SSO avec OCI et Okta

Dans ce tutoriel, vous configurez l'accès avec connexion unique entre OCI et Okta, où Okta agit en tant que fournisseur d'identités (IdP) et OCI IAM est un fournisseur de services.

Ce tutoriel de 15 minutes vous explique comment configurer Okta en tant que IdP, avec OCI IAM agissant en tant que SP. En configurant la fédération entre Okta et OCI IAM, vous permettez à l'utilisateur d'accéder aux services et applications dans OCI IAM à l'aide d'informations d'identification utilisateur authentifiées par l'Okta.

- Tout d'abord, collectez les informations nécessaires à partir d'OCI IAM.

- Configurez Okta en tant que IdP pour OCI IAM.

- Configurez OCI IAM afin qu'Okta fasse office de IdP.

- Créez des stratégies IdP dans OCI IAM.

- Vérifiez que l'authentification fédérée fonctionne entre OCI IAM et Okta.

Pour effectuer l'un de ces tutoriels, vous devez disposer des éléments suivants :

-

Compte Oracle Cloud Infrastructure (OCI) payant ou compte d'évaluation OCI. Reportez-vous à Niveau gratuit d'Oracle Cloud Infrastructure.

- Rôle d'administrateur de domaine d'identité pour le domaine d'identité OCI IAM. Reportez-vous à Présentation des rôles d'administrateur.

- Compte Okta avec des privilèges d'administrateur permettant de configurer le provisionnement.

Vous collectez les informations supplémentaires dont vous avez besoin à partir des étapes de chaque tutoriel :

- Obtenez les métadonnées OCI IdP et le certificat de signature pour le domaine d'identité.

- Obtenez le certificat de signature du domaine d'identité.

Vous avez besoin des métadonnées SAML IdP de votre domaine d'identité OCI IAM pour effectuer l'import dans l'application Okta que vous créez. OCI IAM fournit une URL directe permettant de télécharger les métadonnées du domaine d'identité que vous utilisez. Okta utilise l'URL de domaine OCI pour se connecter à OCI IAM.

-

Ouvrez un navigateur pris en charge et saisissez l'URL de la console :

- Saisissez votre nom de compte Cloud, également appelé nom de location, et cliquez sur Suivant.

- Sélectionnez le domaine d'identité auquel vous connecter. Il s'agit du domaine d'identité utilisé pour configurer SSO, par exemple

Default. - Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Ouvrez le menu de navigation et sélectionnez Identité et sécurité. Sous Identité, sélectionnez Domaines.

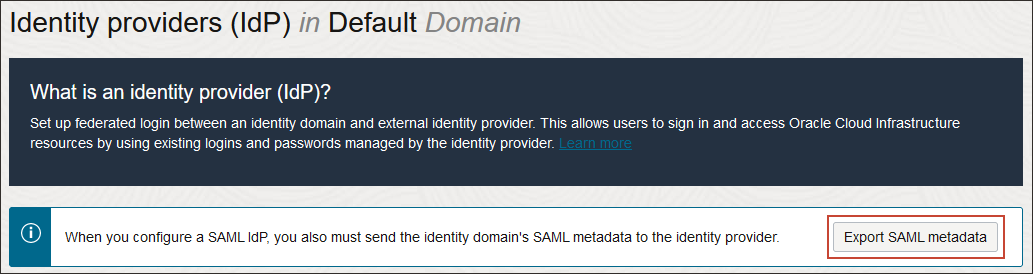

- Sélectionnez le nom du domaine d'identité dans lequel vous souhaitez travailler. Il est possible que vous deviez changer de compartiment pour trouver le domaine souhaité. Cliquez ensuite sur Sécurité, puis sur Fournisseurs d'identités.

- Sélectionnez Exporter les métadonnées SAML.

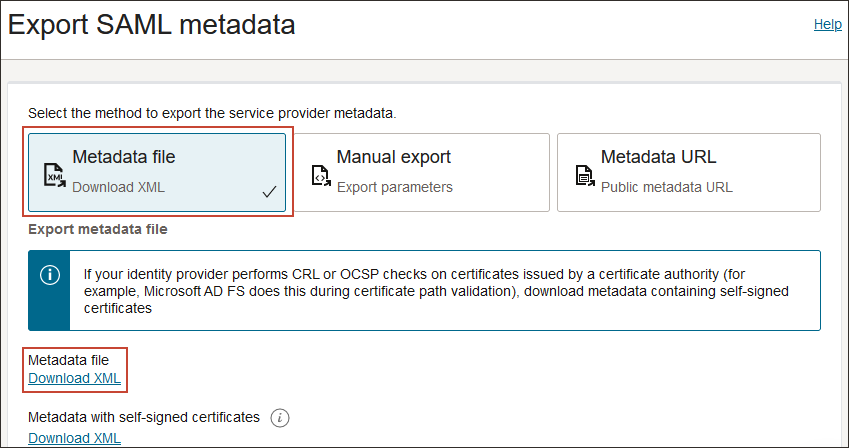

- Sélectionnez l'option Fichier de métadonnées, puis Télécharger le XML.

- Renommez le fichier XML téléchargé en

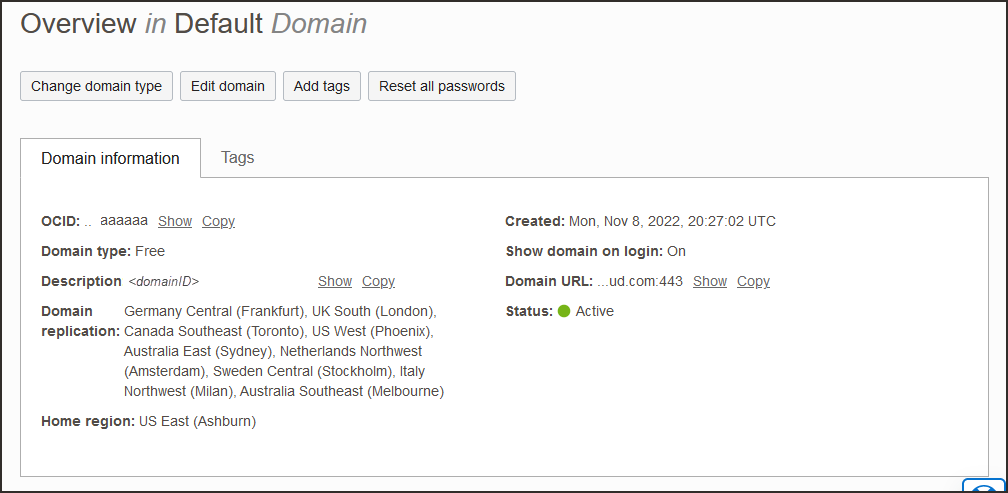

OCIMetadata.xml. - Revenez à la présentation de domaine d'identité en sélectionnant le nom de domaine d'identité dans le chemin de navigation. Sélectionnez Copier en regard de l'URL de nom dans les informations de domaine et enregistrez l'URL. Il s'agit de l'URL de domaine OCI IAM que vous utiliserez ultérieurement.

Créez une application dans Okta et notez les valeurs dont vous aurez besoin plus tard.

- Dans le navigateur, connectez-vous à Okta à l'aide de l'URL :

https://<OktaOrg>-admin.okta.comoù

<OktaOrg>est le préfixe de votre organisation avec Okta. - Dans le menu de gauche, sélectionnez Sécurité, puis Applications et Parcourir le catalogue d'applications.

- Recherchez

Oracle Cloudet sélectionnez Oracle Cloud Infrastructure IAM parmi les options disponibles. - Sélectionnez Ajouter une intégration.

- Sous Paramètres généraux, entrez le nom de l'application, par exemple

OCI IAM, et sélectionnez Terminé. - Sur la page de détails de l'application pour votre nouvelle application, sélectionnez l'onglet Connexion et, sous Certificats de signature SAML, sélectionnez Afficher les instructions de configuration SAML.

- Sur la page Afficher les instructions de configuration SAML, notez les points suivants :

- ID d'entité

- URL SingleLogoutService

- URL SingleSignOnService

- Téléchargez et enregistrez le certificat avec l'extension de fichier

.pem.

Créez un élément IdP pour Okta sur la console OCI.

- Dans la console OCI du domaine dans lequel vous travaillez, sélectionnez Sécurité, puis Fournisseurs d'identités.

- Sélectionnez Ajouter IdP, puis Ajouter un IdP SAML.

- Entrez le nom du fournisseur d'identités SAML IdP, par exemple

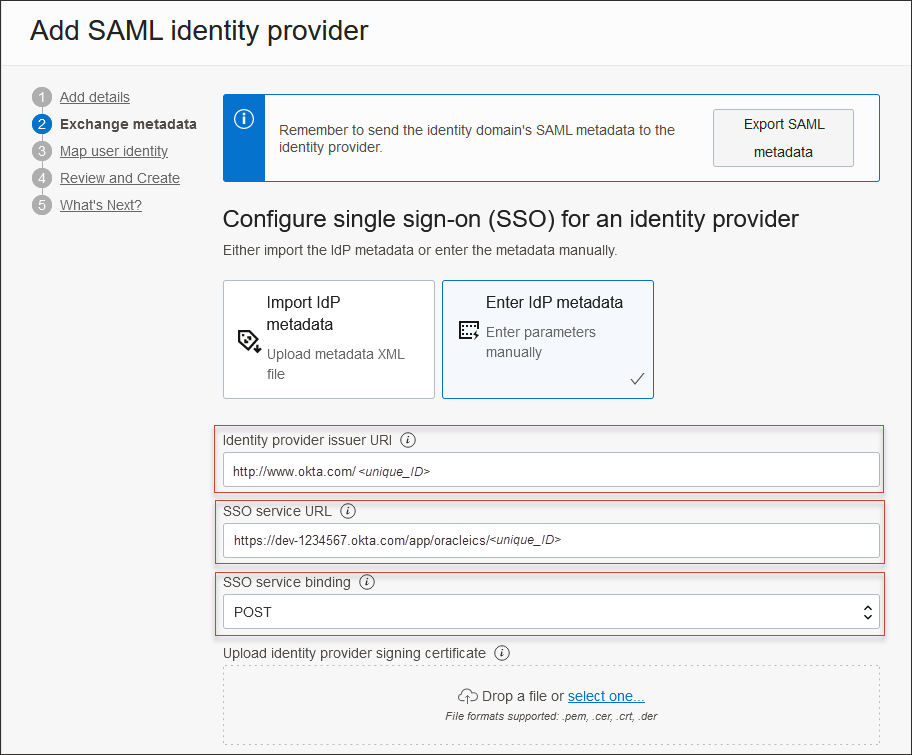

Okta. Sélectionnez Suivant. - Sur la page de métadonnées Exchange, assurez-vous que l'option Entrer les métadonnées IdP est sélectionnée.

- Entrez les informations suivantes à partir de l'étape 8 dans 2. Créez une application dans Okta :

- Pour URI d'émetteur du fournisseur d'identités : entrez l'ID d'entrée.

- Pour URL de service SSO : entrez l'URL SingleSignOnService.

- Pour Liaison de service SSO, sélectionnez

POST. - Pour Télécharger le certificat de signature du fournisseur d'identités, utilisez le fichier

.pemde la certification Okta.

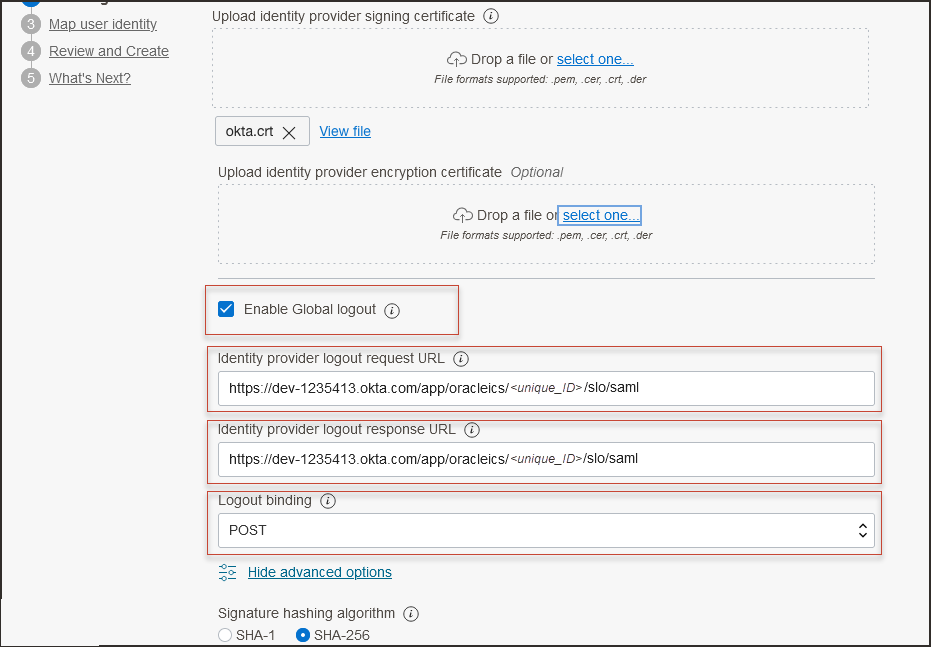

Plus bas sur la page, vérifiez que l'option Activer la déconnexion globale est sélectionnée et entrez les informations suivantes.

- Pour URL de demande de déconnexion de fournisseur d'identités : entrez l'URL SingleLogoutService.

- Pour URL de réponse de déconnexion IDP : eEnter pour l'URL SingleLogoutService.

- Assurez-vous que la liaison de déconnexion est définie sur POST.

- Sélectionnez Suivant.

- Dans la page Map attributes :

- Pour Format NameId demandé, choisissez

Email address. - Pour Attribut utilisateur de fournisseur d'identités : choisissez l'ID nom d'assertion SAML.

- Pour Attribut utilisateur de domaine d'identité, choisissez l'adresse électronique principale.

- Pour Format NameId demandé, choisissez

- Sélectionnez Suivant.

- Vérifiez et sélectionnez Créer un fournisseur d'identités.

- Sur la page Quoi de neuf, sélectionnez Activer, puis Ajouter à la stratégie IdP.

- Sélectionnez Stratégie de fournisseur d'identités par défaut pour l'ouvrir, puis sélectionnez le menu de la règle et sélectionnez Modifier la règle IdP.

- Sélectionnez Affecter des fournisseurs d'identités, puis Okta pour l'ajouter à la liste.

- Sélectionnez Enregistrer les modifications.

- Téléchargez le certificat SP :

- Dans la console OCI du domaine dans lequel vous travaillez, sélectionnez Sécurité, puis Fournisseurs d'identités.

- Sélectionnez Okta.

- Sur la page Okta IdP, sélectionnez Métadonnées du fournisseur de services.

- Sélectionnez Télécharger en regard du certificat de signature du fournisseur de services pour télécharger le certificat de signature du fournisseur de services et l'enregistrer.

- Dans la console Okta, sélectionnez Application, puis la nouvelle application

OCI IAM. - Accédez à l'onglet Connexion et sélectionnez Modifier.

- Sélectionnez Activer la déconnexion simple.

- Accédez au certificat que vous avez téléchargé à partir de la console OCI IAM à l'étape précédente, puis sélectionnez Télécharger.

- Faites défiler la page vers le bas pour afficher les paramètres de connexion avancés.

- Entrez les informations suivantes :

- GUID IAM Oracle Cloud Infrastructure : entrez l'URL de domaine OCI IAM à partir de l'étape 10 dans 1. Obtenez les métadonnées du fournisseur d'identités OCI et l'URL de domaine.

- Définissez le format du nom utilisateur de l'application sur

Email.

- Sélectionnez Enregistrer.

- Accédez à l'onglet Affectations et affectez les utilisateurs auxquels vous souhaitez accéder à cette application.

- Sélectionnez Suivant.

-

Entrez l'URL de la console :

- Saisissez votre nom de compte Cloud, également appelé nom de location, et cliquez sur Suivant.

- Connectez-vous avec votre nom d'utilisateur et votre mot de passe.

- Sélectionnez le domaine pour lequel vous avez configuré Okta IdP.

- Sur la page de connexion, sélectionnez l'icône Okta.

- Entrez vos informations d'identification Okta. Vous êtes connecté à la console OCI.

Félicitations ! Vous avez configuré une connexion unique entre Okta et OCI IAM de deux manières différentes.

Pour obtenir plus d'informations sur le développement avec les produits Oracle, consultez les sites suivants :