Tâche 7 : configuration du contrôle d'accès basé sur les rôles pour Oracle Database@Azure

Utilisez le contrôle d'accès basé sur les rôles (RBAC) pour contrôler l'accès des utilisateurs aux ressources Oracle Database@Azure.

Cette tâche contient des instructions pour configurer Azure RBAC pour Oracle Autonomous Database et Oracle Exadata Database Service. Remarque :

- Les clients utilisant le paiement à l'utilisation n'ont qu'à suivre les instructions pour Autonomous Database.

- Les clients de l'offre privée qui souhaitent provisionner à la fois Autonomous Database et Exadata Database Service doivent suivre les deux ensembles d'instructions de cette rubrique. Sinon, complétez l'ensemble d'instructions correspondant au service de base de données que vous prévoyez d'utiliser.

Groupes et rôles Autonomous Database

| Nom du groupe Azure | Affectation de rôle Azure | Objectif |

|---|---|---|

| odbaa-adbs-db-administrateurs |

Oracle.Database Administrateur Autonomous Database |

Ce groupe est destiné aux administrateurs qui ont besoin de gérer toutes les ressources Oracle Autonomous Database dans Azure. |

| odbaa-db-family-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui ont besoin de gérer toutes les ressources Oracle Database Service dans OCI. |

| odbaa-db-family-readers | Oracle.Database Lecteur |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux lecteurs qui ont besoin de visualiser toutes les ressources Oracle Database dans OCI. |

| odbaa-network-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources réseau dans OCI. |

| odbaa-costmgmt-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de coût et de facturation dans OCI. |

Procédure de configuration du contrôle d'accès basé sur les rôles dans le portail Azure pour Autonomous Database

-

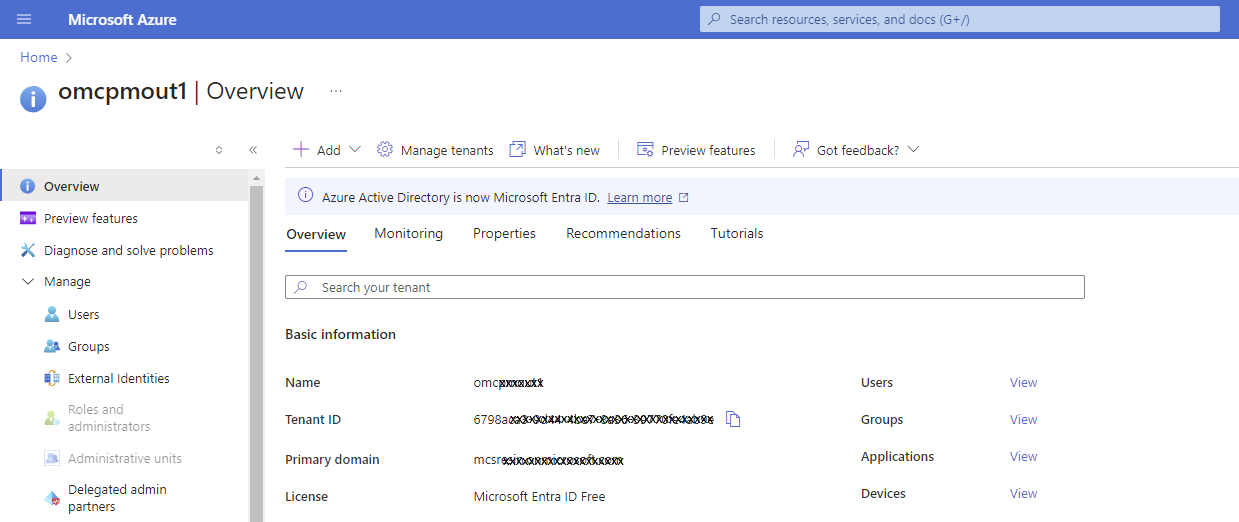

Connectez-vous au portail Azure à l'adresse https://portal.azure.com/.

-

Recherchez "EntraID" dans l'outil de recherche Azure, puis sélectionnez ID Entra Microsoft dans les résultats de recherche pour accéder à la page Aperçu EntraID.

-

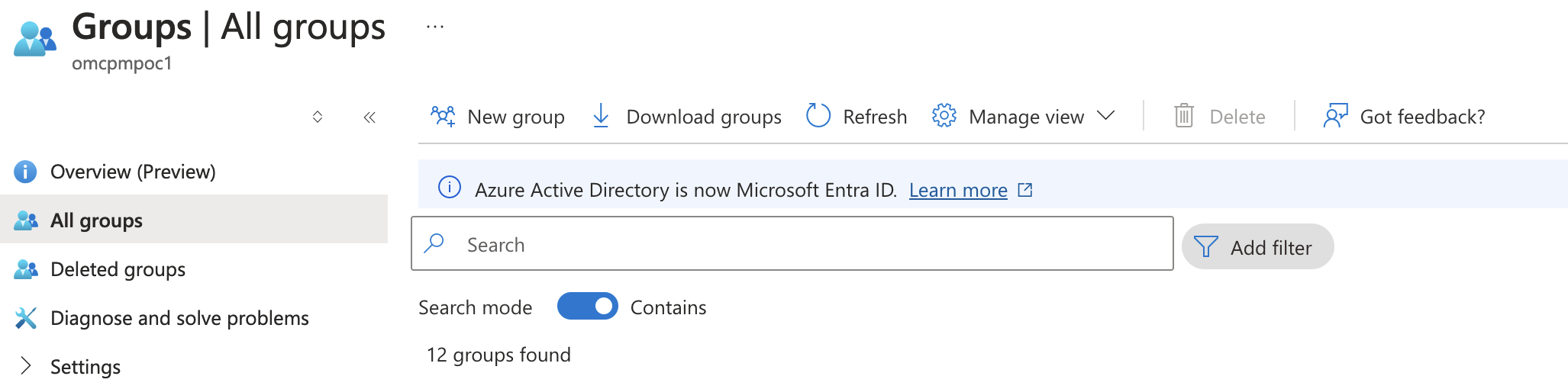

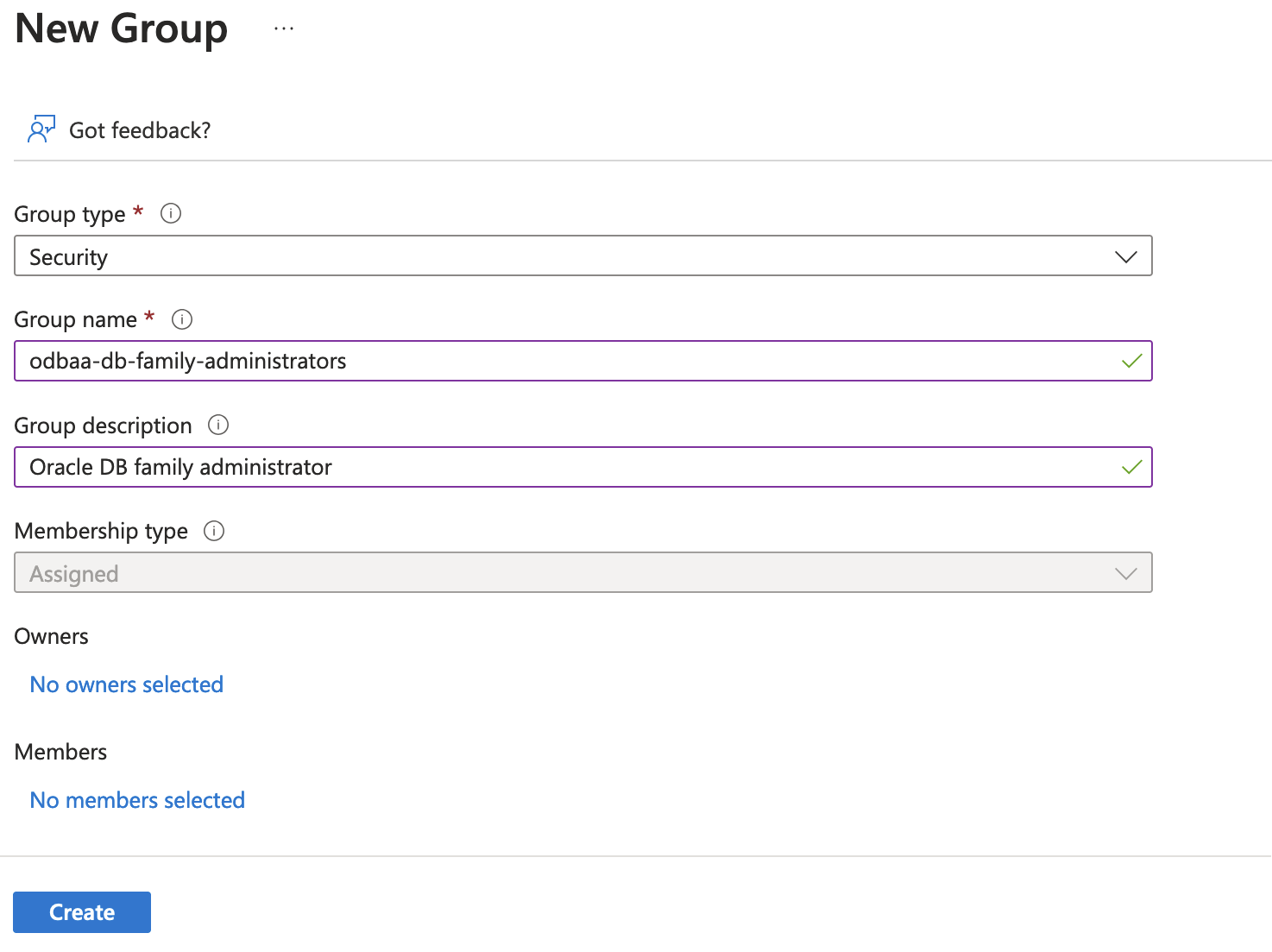

Sélectionnez Groupes pour accéder à la page des groupes. Sélectionnez ensuite Tous les groupes.

- Répétez l'étape précédente pour créer des groupes pour tous les groupes Azure répertoriés dans le tableau de cette rubrique.

-

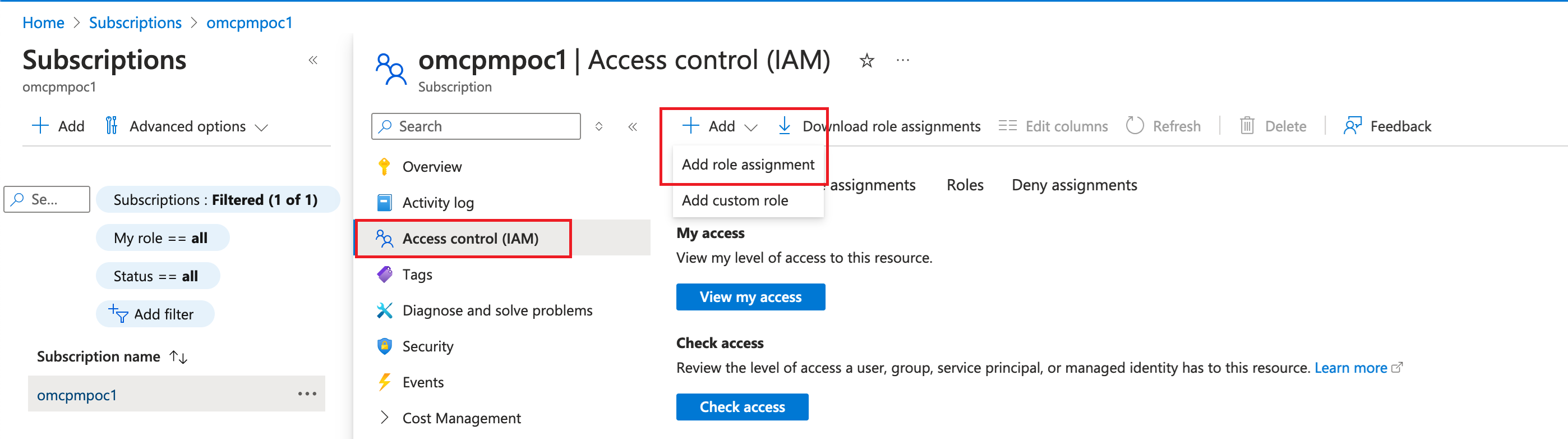

Accédez à la page Abonnements sur le portail Azure, puis recherchez votre abonnement Azure sur la page. Cliquez sur le nom de l'abonnement pour en visualiser les détails. Pour plus d'informations, reportez-vous à Affichage de tous les abonnements dans la documentation Azure.

-

Dans la section Contrôle d'accès (IAM) de la page de détails de l'abonnement Azure, cliquez sur +Add et sélectionnez l'option Ajouter une affectation de rôle.

-

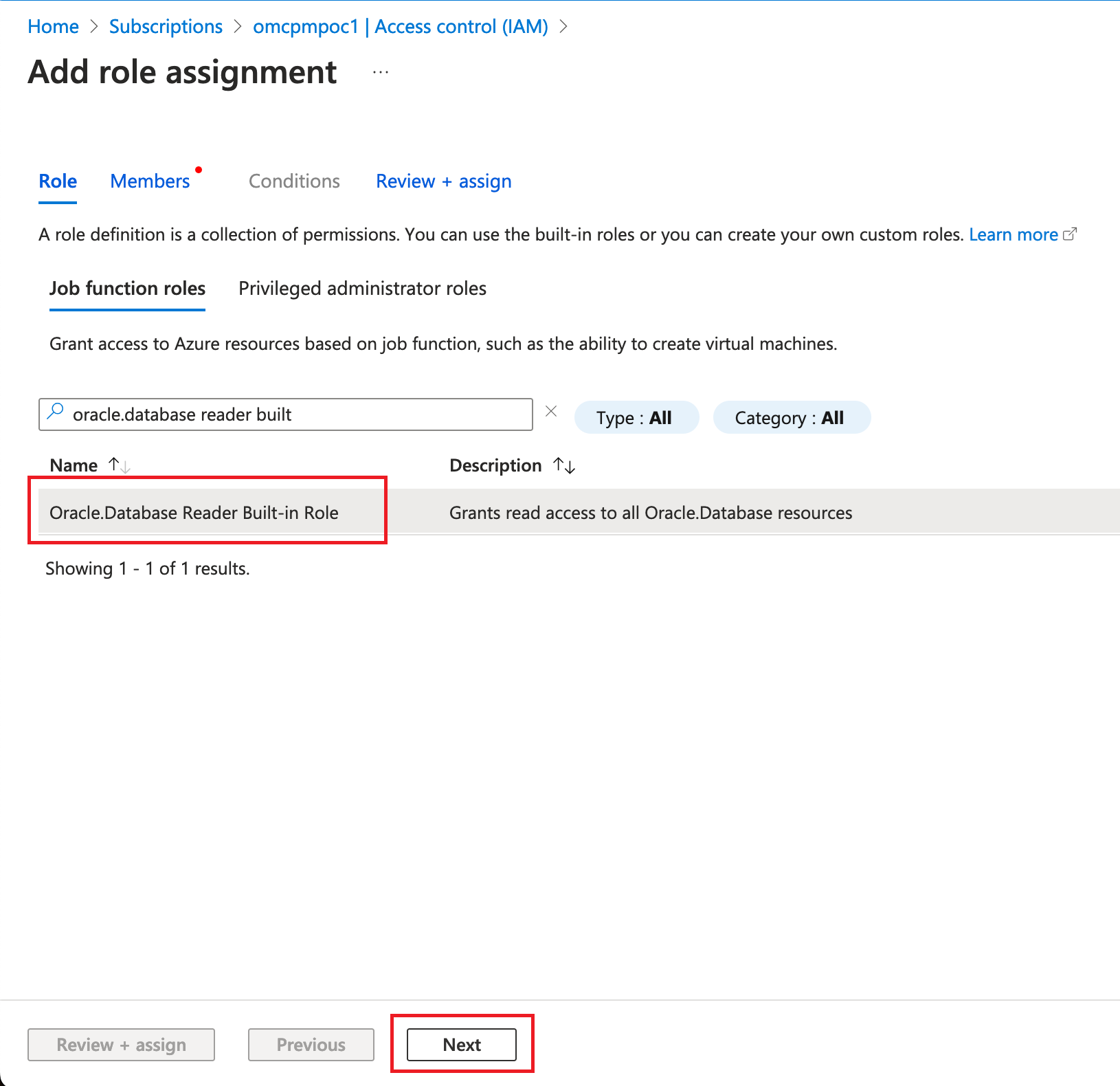

Recherchez l'un des rôles Autonomous Database répertoriés dans le tableau de cette rubrique. Par exemple,

Oracle.Database Reader. Sélectionnez le rôle, puis cliquez sur Suivant. -

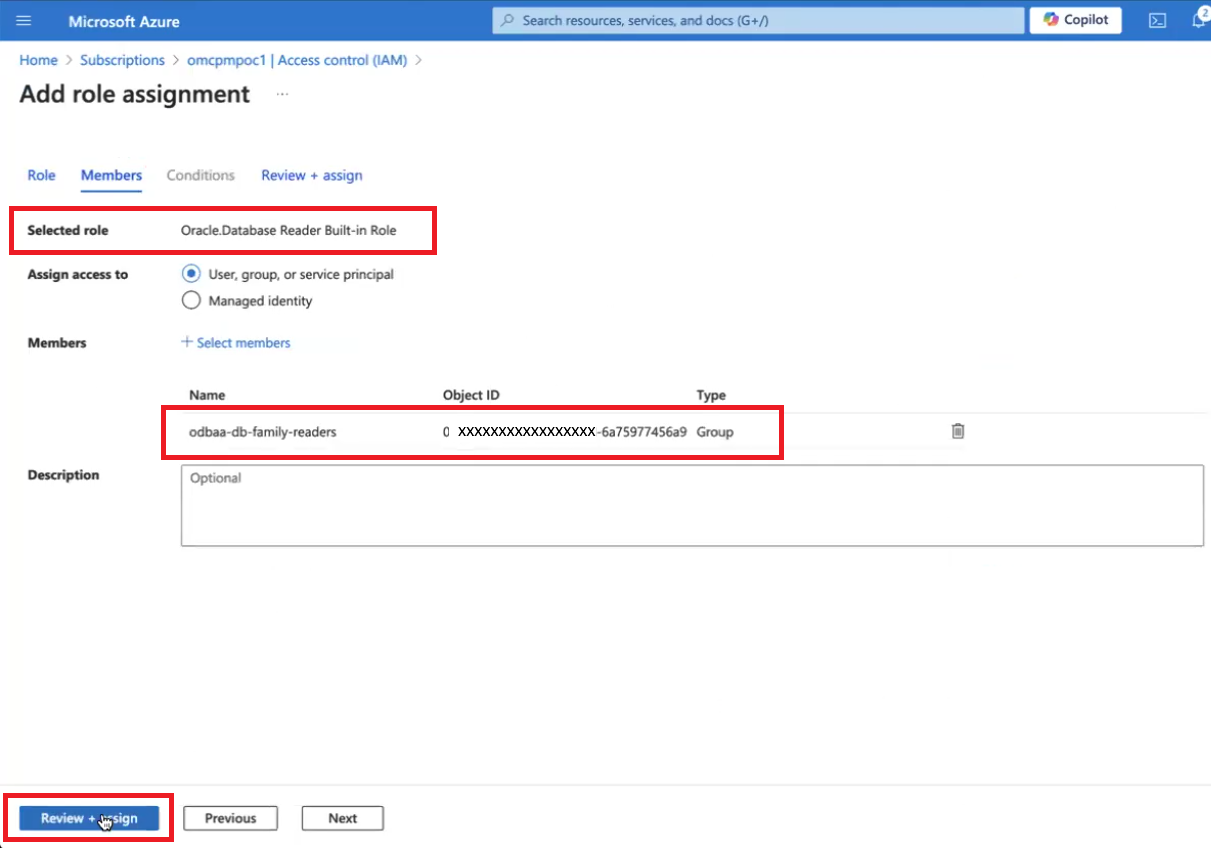

Dans l'onglet Membres du flux de travail Ajouter une affectation de rôle, sélectionnez +Select Membres.

-

Recherchez "odbaa" dans le champ de recherche. Les groupes qui commencent par "odbaa" s'affichent. Sélectionnez un nom de groupe pour le sélectionner. Par exemple : "odbaa-db-family-readers".

-

Dans l'onglet Membres, sélectionnez Vérifier + affecter.

- Répétez les étapes 7 à 11 pour chaque groupe Autonomous Database Azure auquel des affectations de rôle sont indiquées dans la table.

Groupes et rôles Exadata

| Nom du groupe Azure | Affectation de rôle Azure | Objectif |

|---|---|---|

| odbaa-exa-infra-administrateurs | Oracle.Database Administrateur d'infrastructure Exadata | Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources Exadata Database Service dans Azure. Les utilisateurs dotés de ce rôle disposent de toutes les autorisations accordées par "odbaa-vm-cluster-administrators". |

| odbaa-vm-cluster-administrateurs | Oracle.Database VmCluster Administrateur | Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de cluster de machines virtuelles dans Azure. |

| odbaa-db-family-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui ont besoin de gérer toutes les ressources Oracle Database Service dans OCI. |

| odbaa-db-family-readers | Oracle.Database Lecteur |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux lecteurs qui ont besoin de visualiser toutes les ressources Oracle Database dans OCI. |

| odbaa-exa-cdb-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de base de données Conteneur dans OCI. |

| odbaa-exa-pdb-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources de base de données pluggable dans OCI. |

| odbaa-network-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer toutes les ressources réseau dans OCI. |

| odbaa-costmgmt-administrateurs | Aucun |

Ce groupe est répliqué dans OCI lors du processus facultatif de fédération d'identités. Ce groupe est destiné aux administrateurs qui doivent gérer les ressources de coût et de facturation dans OCI. |

Procédure de configuration du contrôle d'accès basé sur les rôles dans le portail Azure pour la base de données Exadata

-

Connectez-vous au portail Azure à l'adresse https://portal.azure.com/.

-

Recherchez "EntraID" dans l'outil de recherche Azure, puis sélectionnez ID Entra Microsoft dans les résultats de recherche pour accéder à la page Aperçu EntraID.

-

Sélectionnez Groupes pour accéder à la page des groupes. Sélectionnez ensuite Tous les groupes.

- Répétez l'étape précédente pour créer des groupes pour tous les groupes Azure répertoriés dans le tableau de cette rubrique.

-

Accédez à la page Abonnements sur le portail Azure, puis recherchez votre abonnement Azure sur la page. Cliquez sur le nom de l'abonnement pour en visualiser les détails. Pour plus d'informations, reportez-vous à Affichage de tous les abonnements dans la documentation Azure.

-

Sur la page de détails de votre abonnement, cliquez sur Contrôle d'accès (IAM), puis sur +Add et sélectionnez l'option Ajouter une affectation de rôle.

-

Recherchez l'un des rôles répertoriés dans le tableau des groupes et des rôles Exadata de cette rubrique. Par exemple,

Oracle.Database Reader. Sélectionnez le rôle, puis cliquez sur Suivant. -

Dans l'onglet Membres du flux de travail Ajouter une affectation de rôle, cliquez sur +Select Membres.

-

Recherchez "odbaa" dans le champ de recherche. Les groupes qui commencent par "odbaa" s'affichent. Cliquez sur le nom d'un groupe pour le sélectionner. Par exemple : "odbaa-db-family-readers".

-

Dans l'onglet Membres, cliquez sur Vérifier + affecter.

- Répétez les étapes 12 à 16 pour chaque groupe Azure répertorié dans le tableau des groupes Exadata et des rôles dont les affectations de rôle sont indiquées dans le tableau.

Etapes suivantes

Oracle Database@Azure est prêt à être utilisé. Pour ce faire, procédez comme suit :

- Configurez la fédération d'identités pour Oracle Database@Azure (facultatif). Federation permet aux utilisateurs de se connecter à la location OCI associée au service à l'aide des informations d'identification d'ID Entra Azure. Pour plus d'informations, reportez-vous à Tâche 8 : configuration d'Identity Federation (facultatif).

- Si vous n'utilisez pas Identity Federation, vous pouvez ajouter des utilisateurs supplémentaires dans la console OCI. Pour plus d'informations, reportez-vous à Présentation d'IAM et à Gestion des utilisateurs. Vous pouvez éventuellement inscrire des utilisateurs auprès de My Oracle Support pour leur permettre d'ouvrir des demandes de service.

- Consultez les suggestions sur la page Etapes suivantes après l'intégration.