Remarque :

- Ce tutoriel nécessite un accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, reportez-vous à Introduction au niveau gratuit d'Oracle Cloud Infrastructure.

- Il utilise des exemples de valeur pour les informations d'identification Oracle Cloud Infrastructure, la location et les compartiments. A la fin de votre atelier, remplacez ces valeurs par celles propres à votre environnement cloud.

Sécuriser le trafic entre Oracle Cloud Infrastructure et Microsoft Azure à l'aide de Network Virtual Appliance

Introduction

Pour créer une expérience multicloud intégrée, Microsoft et Oracle offrent une interconnexion directe entre Microsoft Azure et Oracle Cloud Infrastructure (OCI) via Microsoft Azure ExpressRoute et OCI FastConnect. L'interconnexion Microsoft Azure ExpressRoute et OCI FastConnect fournit une faible latence, un haut débit et une connectivité directe privée entre les deux clouds.

Vous pouvez configurer la connectivité d'interconnexion entre Microsoft Azure et Oracle Cloud Infrastructure à l'aide des instructions fournies dans ce guide étape par étape. Une fois l'interconnexion démarrée, vous devez connecter les réseaux virtuels à ExpressRoute.

Ce tutoriel explique comment étendre la connectivité d'interconnexion à l'aide de VNET Gateway et déployer Microsoft Azure Firewall et OCI Network Firewall pour sécuriser votre trafic. Vous allez déployer des pare-feu dans une architecture Hub et Spoke pour votre cas d'emploi. Ce cas d'emploi doit s'appliquer à tous les partenaires d'appliance virtuelle réseau pris en charge sur les fournisseurs de services cloud respectifs.

Vous pouvez suivre ce document pour en savoir plus sur les recommandations relatives aux architectures d'appliance virtuelle réseau.

Objectif

Sécurisez votre trafic à l'aide de l'appliance de pare-feu réseau entre l'environnement Oracle Cloud Infrastructure et Microsoft Azure via la connectivité réseau d'interconnexion OCI-Microsoft Azure. Nous avons couvert le déploiement de l'environnement avec Microsoft Azure Firewall dans Microsoft Azure et OCI Network Firewall dans OCI. La dernière étape consiste à valider la connectivité réseau entre les régions OCI/Microsoft Azure et à vérifier que le trafic est validé via un pare-feu en fonction des fonctionnalités de routage via des pare-feu via l'interconnexion OCI/Microsoft Azure.

Prérequis

-

Abonnement Microsoft Azure actif et location OCI active.

-

Emplacement d'appairage Microsoft Azure ExpressRoute à proximité ou dans le même emplacement d'appairage qu'OCI FastConnect. Reportez-vous à Disponibilité des régions.

-

La connectivité directe entre les régions interconnectées Microsoft Azure et OCI s'est terminée avec succès. Reportez-vous à Configuration de la connectivité directe entre ExpressRoute et FastConnect.

-

Une bonne connaissance des services réseau et cloud est assurée, notamment OCI FastConnect, OCI Network Firewall, Microsoft Azure Firewall et Microsoft Azure ExpressRoute.

-

La compréhension de l'interconnexion Microsoft Azure OCI est requise.

Public

Ce tutoriel est destiné aux professionnels des fournisseurs Cloud Service et aux administrateurs multicloud.

Architecture

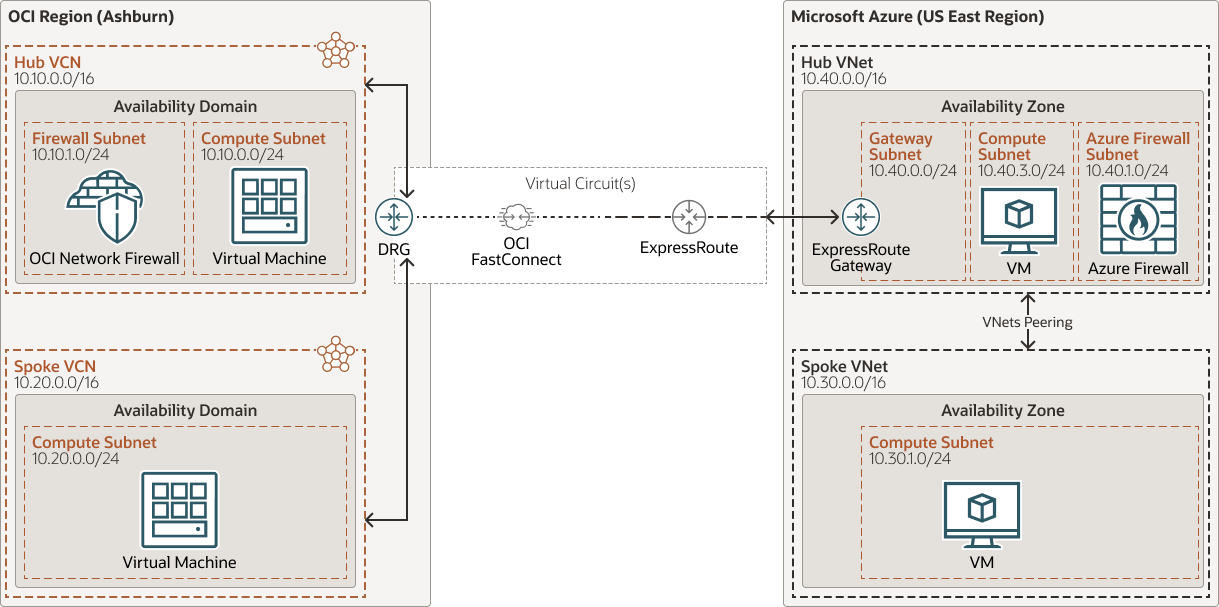

Voici l'architecture générale de la solution.

Vous pouvez vous reporter à cette architecture lorsque vous souhaitez configurer une région interconnectée et sécuriser votre trafic à l'aide de Network Virtual Appliance dans une architecture Hub et Spoke.

Tâche 1 : création d'un réseau virtuel et d'un sous-réseau sur Microsoft Azure

-

Connectez-vous au portail Microsoft Azure.

-

Dans la partie supérieure gauche de l'écran, sélectionnez Create a resource, Networking, Virtual network ou recherchez Virtual network dans la zone de recherche.

-

Dans Créer un réseau virtuel, entrez ou sélectionnez ces informations dans l'onglet Notions de base :

Détails du projet

-

Abonnement : sélectionnez votre abonnement Azure.

-

Groupe de ressources : sélectionnez Créer, saisissez resource-group-name, puis cliquez sur OK ou sélectionnez un resource-group-name existant en fonction des paramètres.

Détails de l'instance

-

Nom : saisissez virtual-network-name.

-

Région : sélectionnez region-name.

-

-

Sélectionnez l'onglet Adresses IP ou cliquez sur le bouton Suivant : Adresses IP à la fin de la page.

-

Dans l'onglet Adresses IP, entrez les informations suivantes :

- Espace d'adressage IPv4 : saisissez ipv4-address-range ; exemple : Hub VNET : 10.40.0.0/16 pour US East Region, Spoke VNET : 10.30.0.0/16 pour US East Region.

-

Sous Subnet name, sélectionnez le mot default.

-

Dans Modifier le sous-réseau, entrez les informations suivantes :

-

Nom de sous-réseau : entrez subnet-name.

-

Plage d'adresses de sous-réseau : saisissez subnet-address-range Exemple : sous-réseau de calcul : 10.40.3.0/24 pour Hub VNET, sous-réseau de calcul : 10.30.1.0/24 pour Spoke VNET.

-

-

Sélectionnez Enregistrer.

-

Sélectionnez l'onglet Vérifier + créer ou cliquez sur le bouton Vérifier + créer.

-

Choisissez Créer.

Répétez les étapes 1 à 9 pour Hub et Spoke VNets, puis passez à la section suivante pour créer un sous-réseau de pare-feu Microsoft Azure.

Tâche 2 : création d'un sous-réseau de pare-feu Microsoft Azure

Suivez le guide étape par étape pour créer un sous-réseau de pare-feu à l'aide des paramètres minimaux suivants.

-

firewall-subnet-name : le nom AzureFirewallSubnet doit être renseigné.

-

subnet-address-range : entrez la plage d'adresses du sous-réseau de pare-feu ; exemple : 10.40.1.0/24 dans Hub VNET.

Passez à la section suivante pour créer un sous-réseau de passerelle et une passerelle de réseau virtuel.

Tâche 3 : création d'un sous-réseau de passerelle et d'une passerelle de réseau virtuel sur Microsoft Azure

Vous pouvez suivre le guide étape par étape pour créer un sous-réseau de passerelle et une passerelle de réseau virtuel à l'aide des paramètres minimum décrits dans les tableaux suivants.

Paramètres de sous-réseau de passerelle

| Paramètre | Valeur |

|---|---|

| nom-sous-réseau-passerelle | Nom GatwaySubnet renseigné automatiquement. |

| plage d'adresses de sous-réseau | Entrer la plage d'adresses du sous-réseau de passerelle ; exemple : 10.40.0.0/24 dans Hub VNET |

Paramètres VNET Gateway :

| Paramètre | Valeur |

|---|---|

| Détails du projet | |

| Abonnement | Sélectionnez votre abonnement Microsoft Azure |

| Groupe de ressources | Cette option sera automatiquement sélectionnée sur votre sélection VNET. |

| Détails de la passerelle | |

| Nom | Saisissez gateway-name |

| Région | Sélectionnez (US) East US ou Region où vous avez créé VNET |

| Type de passerelle | Sélectionnez ExpressRoute. |

| Unité de gestion des stocks | Sélectionner l'UGS de la passerelle dans la liste déroulante |

| Réseau virtuel | Sélectionnez VNET créé précédemment dans votre région. |

| Adresse IP publique | |

| Adresse IP publique | Sélectionnez Create new. |

| Nom de l'adresse IP publique | Entrez un nom pour l'adresse IP publique. |

Une fois que vous avez créé les ressources requises dans la région Microsoft Azure, passez à la section suivante pour déployer le pare-feu Microsoft Azure.

Tâche 4 : déploiement du pare-feu Microsoft Azure dans le réseau virtuel Hub sur Microsoft Azure

Vous pouvez suivre le guide étape par étape pour déployer un pare-feu Microsoft Azure dans votre hub VNET à l'aide des paramètres minimum décrits dans le tableau suivant.

| Paramètre | Valeur |

|---|---|

| Abonnement | Sélectionnez votre abonnement. |

| Groupe de ressources | Sélectionnez your-resource-group. Sélectionnez le groupe de ressources que vous devez avoir créé lors des étapes de pré-demandes. |

| nom | Saisissez firewall-name |

| firewall-sku | Sélectionner une SKU de pare-feu dans l'option fournie |

| Firewall-policy | Cliquez sur Add New et créez une stratégie de pare-feu. |

| choisir un réseau virtuel | Sélectionner le réseau virtuel créé précédemment |

| adresse-ip publique | Sélectionner ou créer une adresse IP publique |

Passez à la section suivante pour connecter votre circuit ExpressRoute à la passerelle de réseau virtuel.

Tâche 5 : connectez votre circuit ExpressRoute à la passerelle de réseau virtuel via une connexion sur Microsoft Azure

Vous pouvez suivre le guide étape par étape pour créer une connexion ExpressRoute à l'aide des paramètres minimum décrits dans le tableau suivant.

| Paramètre | Valeur |

|---|---|

| Abonnement | Sélectionnez votre abonnement. |

| Groupe de ressources | Sélectionnez your-resource-group. Sélectionnez le groupe de ressources que vous devez avoir créé lors des étapes de pré-demandes. |

| Type de connexion | Sélectionnez ExpressRoute. |

| Nom | Saisissez connection-name. |

| Région | Sélectionnez (US) East US ou Region où vous avez créé VNET Gateway. |

| passerelle-réseau virtuel | Sélectionnez la passerelle VNET créée précédemment. |

| circuit expressroute | Sélectionnez ExpressRoute Circuit créé dans les étapes prérequis. |

Une fois que vous avez créé les connexions requises dans les deux régions Microsoft Azure, passez à la section suivante afin de créer des tables de routage définies par l'utilisateur pour les sous-réseaux dans VNets.

Tâche 6 : création de routes définies par l'utilisateur sur Microsoft Azure

Vous pouvez suivre le guide étape par étape pour créer des routes définies par l'utilisateur vers la table associée à chaque sous-réseau à l'aide des paramètres minimum décrits dans les tableaux suivants.

Configurer les entrées de table de routage du sous-réseau de passerelle

| Paramètre | Valeur |

|---|---|

| nom-routage | Entrer le nom de la route |

| adresse-préfixe-destination | Saisir les préfixes de destination. Exemple : sous-réseau de calcul hub : 10.40.3.0/24, sous-réseau de calcul satellite : 10.30.1.0/24 |

| type saut suivant | Sélectionnez Virtual Appliance. |

| Adresse du saut suivant | Entrez l'adresse du saut suivant en tant qu'adresse IP privée du pare-feu : 10.40.1.4 |

Assurez-vous que vous disposez des entrées requises et associez cette table de routage au sous-réseau Gateway du hub VNet.

Configurer les sous-réseaux de calcul dans les entrées de table de routage VNet du hub

| Paramètre | Valeur |

|---|---|

| nom-routage | Entrer le nom de la route |

| adresse-préfixe-destination | Entrez les préfixes de destination. Exemple : sous-réseau de calcul OCI Hub : 10.10.0.0/24, sous-réseau de calcul OCI Spoke : 10.20.0.0/24, sous-réseau Microsoft Azure Spoke : 10.30.1.0/24, réseau virtuel Microsoft Azure Hub : 10.40.0.0/16 |

| type saut suivant | Sélectionnez Virtual Appliance. |

| Adresse du saut suivant | Entrez l'adresse du saut suivant en tant qu'adresse IP privée du pare-feu : 10.40.1.4 |

Assurez-vous que vous disposez des entrées requises et associez cette table de routage au sous-réseau de calcul du hub VNet.

Configurer les sous-réseaux de calcul dans les entrées de table de routage VNet Spoke

| Paramètre | Valeur |

|---|---|

| nom-routage | Entrer le nom de la route |

| adresse-préfixe-destination | Entrez les préfixes de destination. Exemple : sous-réseau de calcul OCI Hub : 10.10.0.0/24, sous-réseau de calcul OCI Spoke : 10.20.0.0/24, sous-réseau de calcul Microsoft Azure Hub : 10.40.3.0/24 |

| type saut suivant | Sélectionnez Virtual Appliance. |

| Adresse du saut suivant | Entrez l'adresse du saut suivant en tant qu'adresse IP privée du pare-feu : 10.40.1.4 |

Assurez-vous que vous disposez des entrées requises et associez cette table de routage au sous-réseau de calcul du satellite VNet.

Une fois les routages requis créés, passez à la section suivante pour créer des machines virtuelles afin de valider le trafic entre Microsoft Azure et OCI.

Tâche 7 : création de routes définies par l'utilisateur sur Microsoft Azure

Dans cette section, vous allez créer des machines virtuelles pour valider la connectivité de Microsoft Azure à Oracle Cloud Infrastructure.

-

Dans la partie supérieure gauche de l'écran du portail Microsoft Azure, sélectionnez Créer une ressource, Calcul, Machine virtuelle.

-

Dans Créer une machine virtuelle - Concepts de base, entrez ou sélectionnez ces informations.

Paramètre Valeur Détails du projet Abonnement Sélectionnez votre abonnement. Groupe de ressources Sélectionnez your-resource-group. Sélectionnez le groupe de ressources que vous devez avoir créé au cours des étapes de prérequis. Détails de l'instance Nom de machine virtuelle Saisissez vm-name. Région Sélectionnez (US) East US or Region dans lequel vous effectuez le déploiement. Options de disponibilité Conservez la valeur par défaut Aucune redondance d'infrastructure requise. Image Sélectionnez Ubuntu Server 18.04 LTS - Gen1. Taille Sélectionnez Standard_B2s. Compte administrateur Type d'authentification Sélectionnez Mot de passe. Vous pouvez également choisir l'authentification basée sur SSH et mettre à jour la valeur requise si nécessaire. Nom utilisateur Entrez le nom utilisateur de votre choix. Mot de passe Entrez le mot de passe de votre choix. Le mot de passe doit comporter au moins 12 caractères et répondre aux exigences de complexité définies. Confirmer le mot de passe Saisissez-le à nouveau. Règles de port entrant Ports entrants publics Sélectionnez Aucun. -

Sélectionnez Next : Disks.

-

Dans Créer une machine virtuelle - Disques, conservez les valeurs par défaut et sélectionnez Suivant : Networking.

-

Dans Créer une machine virtuelle : Networking, sélectionnez ces informations.

Paramètre Valeur Réseau virtuel Sélectionnez virtual-network. Sous-réseau Sélectionnez compute-subnet, par exemple : 10.40.3.0/24 dans le hub VNet, 10.30.1/24 dans le spoke VNet Adresse IP publique Conservez la valeur par défaut (new) my-vm-ip. Ports entrants publics Sélectionnez Autoriser les ports sélectionnés. Sélectionner des ports entrants Sélectionnez SSH. -

Sélectionnez Review + create. Vous accédez à la page Vérifier + créer où Microsoft Azure valide votre configuration.

-

Lorsque le message Validation transmise s'affiche, sélectionnez Créer.

Répétez les étapes 1 à 7 pour les machines virtuelles Spoke et Hub VNet et passez à la section suivante pour créer les ressources requises sur Oracle Cloud Infrastructure.

Tâche 8 : création de ressources sur Oracle Cloud Infrastructure

Dans cette section, vous allez créer les ressources requises pour prendre en charge la validation à partir de la console OCI dans les régions interconnectées. Dans la console OCI, créez les ressources suivantes dans chaque région.

-

Créez un réseau cloud virtuel Hub avec un sous-réseau de calcul.

-

Créez les sous-réseaux de gestion et de trafic requis dans Hub VCN.

-

Déployez OCI Network Firewall dans Hub VCN.

-

Créez un réseau cloud virtuel satellite avec un sous-réseau de calcul.

-

Créez une attachement VCN hub au DRG créé dans les prérequis disposant du circuit virtuel d'interconnexion OCI/Microsoft Azure.

-

Créez un attachement VCN Spoke au DRG créé et étendez le routage entrant vers OCI Network Firewall.

-

Créez des machines virtuelles dans le sous-réseau de calcul des réseaux cloud virtuels hub et satellite et mettez à jour les routages/listes de sécurité requis pour vous connecter aux réseaux cloud virtuels Microsoft Azure.

-

Etendre la connectivité du réseau cloud virtuel à Microsoft Azure VNET via DRG. Vous pouvez suivre ce guide étape par étape.

-

Suivez cet atelier étape par étape pour déployer OCI Network Firewall sur OCI dans une architecture Hub et Spoke.

-

Suivez ce guide étape par étape pour créer une machine virtuelle et effectuer le travail requis sur le réseau cloud virtuel/sous-réseau.

-

Suivez ce guide étape par étape pour établir l'appairage de région entre régions OCI via DRG.

Tâche 9 : validation du trafic dans l'interconnexion OCI/Microsoft Azure

Dans cette section, vous allez vous connecter aux machines virtuelles Linux des deux fournisseurs cloud et effectuer un test ping pour vérifier la connectivité.

-

Connectez-vous aux machines virtuelles Linux sur les deux fournisseurs cloud à l'aide de votre terminal.

-

Lancez un ICMP RTT à partir des machines virtuelles Microsoft Azure vers les machines virtuelles OCI, et inversement.

-

Cela garantira la connectivité réseau.

-

Le tableau ci-dessous présente un test de connectivité effectué en fonction de la topologie de réseau partagé. Il indique que vous pouvez accéder du hub et du satellite de l'environnement Microsoft Azure au hub et au satellite d'OCI.

-

Vous pouvez également surveiller le trafic à partir des journaux de pare-feu disponibles dans Virtual Appliance.

Validation du trafic SRIOV/Mise en réseau accélérée ICMP RTT (millisecondes) Machine virtuelle OCI Hub vers Microsoft Azure Hub ; 10.10.1.168 > 10.40.3.4 oui 3.9 Machine virtuelle OCI Hub vers Microsoft Azure Spoke VM ; 10.10.1.168 > 10.30.1.4 oui 4,5 Machine virtuelle OCI Hub vers OCI Spoke VM ; 10.10.1.168 > 10.20.0.190 oui 0,75 Machine virtuelle OCI Spoke vers la machine virtuelle Microsoft Azure Hub ; 10.20.0.190 > 10.40.3.4 oui 4,52 Machine virtuelle OCI Spoke vers Microsoft Azure Spoke VM ; 10.20.0.190 > 10.30.1.4 oui 5,33 Machine virtuelle OCI Spoke vers la machine virtuelle OCI Hub ; 10.20.0.190 > 10.10.0.168 oui 0,64 Machine virtuelle Microsoft Azure Hub vers Microsoft Azure Spoke VM ; 10.40.3.4 > 10.30.1.4 oui 4,35 Machine virtuelle Microsoft Azure Hub vers machine virtuelle OCI Hub ; 10.40.3.4 > 10.10.0.168 oui 4,46 Machine virtuelle Microsoft Azure Hub vers machine virtuelle OCI Spoke ; 10.40.3.4 > 10.20.0.190 oui 4,68 Microsoft Azure Spoke VM vers Microsoft Azure Hub VM ; 10.30.1.4 > 10.40.3.4 oui 4,72 Machine virtuelle Microsoft Azure Spoke vers machine virtuelle OCI Hub ; 10.30.1.4 > 10.10.0.168 oui 4,24 Machine virtuelle satellite Microsoft Azure vers machine virtuelle OCI ; 10.30.1.4 > 10.20.0.190 oui 4,43

ICMP RTT entre Microsoft Azure et OCI reflète la connectivité établie entre les régions OCI et Microsoft Azure à l'aide de l'interconnexion et du trafic passant par les services de pare-feu natifs conformément à notre topologie réseau.

Remarque : le tableau ci-dessus reflète ICMP RTT comme point de référence qui peut varier en fonction des régions et de l'architecture des cas d'emploi. Il est recommandé de faire un POC.

Vous trouverez plus d'informations sur la latence Microsoft Azure entre les régions dans : Microsoft Learn : statistiques de latence aller-retour réseau Microsoft Azure

Pour plus d'informations sur le test de la latence de la machine virtuelle, consultez : Microsoft Learn : Test de la latence du réseau de la machine virtuelle Microsoft Azure dans un réseau virtuel Microsoft Azure

Tâche 10 : nettoyage des ressources

Lorsque vous avez terminé d'utiliser les ressources, supprimez le groupe de ressources et les ressources associées.

-

Si ce n'est pas déjà fait, supprimez la liaison d'interconnexion. Pour plus d'informations, reportez-vous au guide step-by-step.

-

Saisissez your-resource-group-name dans la zone de recherche en haut du portail et sélectionnez your-resource-group-name dans les résultats de la recherche.

-

Sélectionnez Supprimer le groupe de ressources.

-

Saisissez your-resource-group-name pour TYPE THE RESOURCE GROUP NAME et sélectionnez Delete.

-

De même, supprimez les ressources déployées dans Oracle Cloud Infrastructure.

Liens connexes

-

Présentation des applications et solutions Oracle sur Microsoft Azure

-

Blog : Guide détaillé : Interconnexion d'Oracle Cloud Infrastructure et de Microsoft Azure

Remerciements

-

Auteur - Arun Poonia, architecte de solution principal

-

Contributeur - Daniel Mauser, spécialiste principal des solutions, ceinture noire mondiale - Microsoft Azure Networking

Ressources de formation supplémentaires

Explorez d'autres ateliers sur docs.oracle.com/learn ou accédez à davantage de contenu de formation gratuit sur le canal Oracle Learning YouTube. En outre, accédez à education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour consulter la documentation produit, consultez Oracle Help Center.

Secure traffic between Oracle Cloud Infrastructure and Microsoft Azure using Network Virtual Appliance

F81212-02

July 2023

Copyright © 2023, Oracle and/or its affiliates.