Configuration de l'accès avec connexion unique et du provisionnement des utilisateurs entre OCI IAM et JumpCloud

Introduction

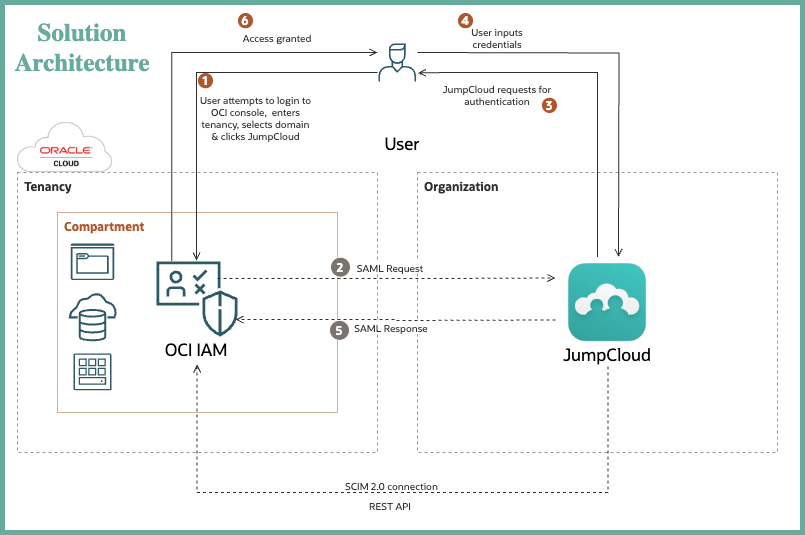

En configurant l'accès avec connexion unique (SSO) entre Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) et JumpCloud, les administrateurs OCI peuvent se connecter de manière transparente à la console OCI à l'aide de leurs informations d'identification JumpCloud. En outre, avec le provisionnement des utilisateurs sur les API RESTful, vous pouvez effectuer une synchronisation utilisateur en temps réel de JumpCloud vers OCI.

Ce tutoriel présente l'intégration d'OCI IAM à JumpCloud, en configurant une fédération SAML (Security Assertion Markup Language) et un système pour la connexion 2.0 à la gestion des identités interdomaine (SCIM).

En outre, une fois l'authentification unique établie et les identités synchronisées, des stratégies OCI IAM peuvent être définies pour configurer des contrôles d'accès à différentes ressources OCI. Pour plus d'informations, reportez-vous à Introduction aux stratégies et à Présentation détaillée des stratégies Oracle Cloud Infrastructure Identity and Access Management basées sur des balises.

Remarque : ce tutoriel est propre à OCI IAM avec des domaines d'identité.

Objectifs

-

Configurer la connexion unique SAML pour la gestion des accès.

-

Configurez le provisionnement SCIM 2.0 pour la gestion des identités.

-

Tester et valider.

Prérequis

-

Accès à une location OCI. Pour plus d'informations, reportez-vous à Niveau gratuit Oracle Cloud Infrastructure.

-

Rôle d'administrateur de domaine d'identité pour le domaine d'identité OCI IAM. Pour plus d'informations, reportez-vous à Présentation des rôles d'administrateur

-

Une organisation JumpCloud

-

Rôle d'administrateur dans l'organisation JumpCloud

Remarque : nous avons remarqué des incohérences dans les actions de création/mise à jour des utilisateurs lors de l'utilisation de l'offre OCI dans les intégrations JumpCloud. Par conséquent, dans le cadre de ce tutoriel, nous allons plutôt utiliser l'application personnalisée.

Section 1 : Configuration de la connexion unique SAML pour la gestion des accès

JumpCloud agit en tant que fournisseur d'identités (IdP), authentifiant les utilisateurs et transmettant des jetons d'authentification en toute sécurité à OCI IAM, qui fonctionne en tant que fournisseur de services. Pour configurer la fédération SAML, les métadonnées doivent être échangées par les deux parties.

Tâche 1.1. Obtention des métadonnées du fournisseur de service à partir d'OCI IAM

Les métadonnées de SP du domaine d'identité OCI IAM sont d'abord exportées.

-

Ouvrez un onglet de navigateur et entrez l'URL :

https://cloud.oracle.com. -

Saisissez le nom du compte Cloud, également appelé nom de location, puis cliquez sur Suivant.

-

Sélectionnez le domaine d'identité auquel vous connecter. Il s'agit du domaine d'identité utilisé pour configurer SSO, par exemple

Default. -

Entrez les informations d'identification de l'administrateur pour vous connecter à la console OCI.

-

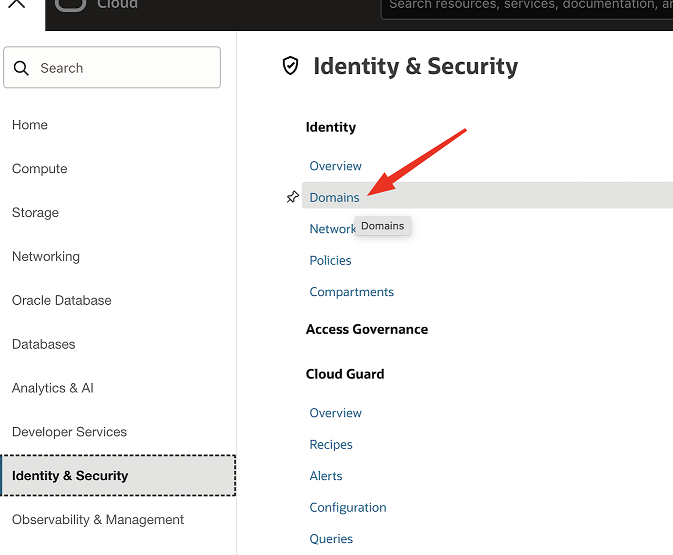

Accédez à Identité et sécurité, puis sous Identité, cliquez sur Domaines.

-

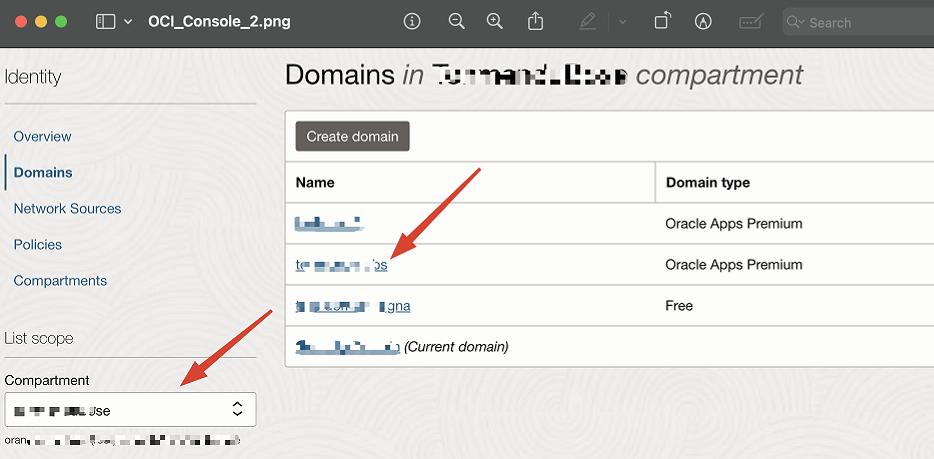

Cliquez sur le nom du domaine d'identité. Si le domaine n'est pas visible, modifiez le compartiment pour trouver le bon domaine.

-

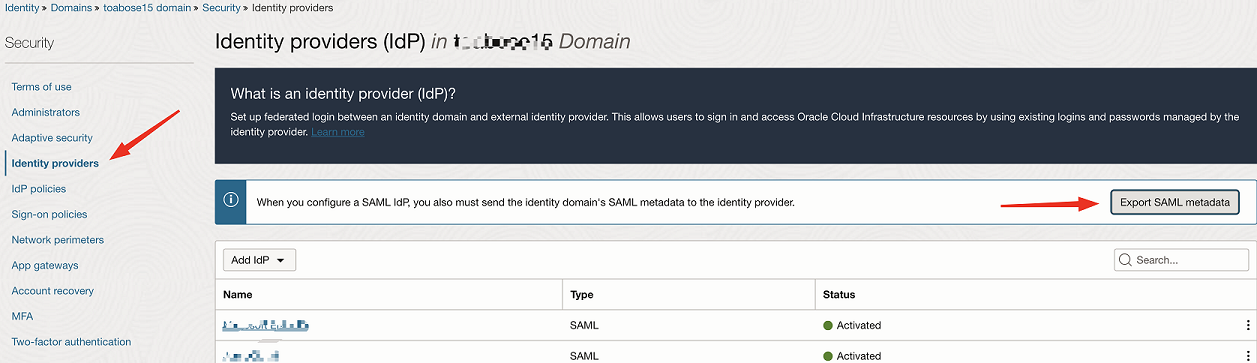

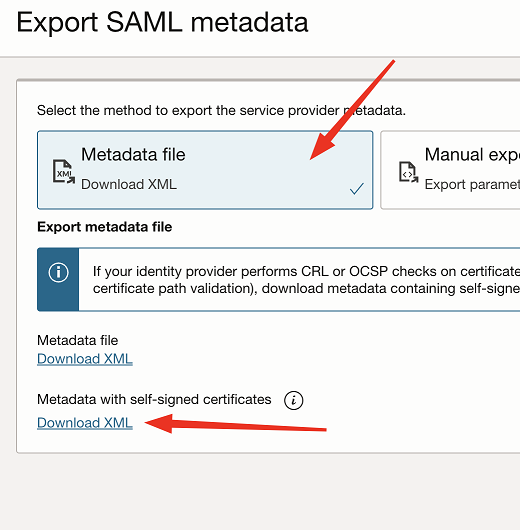

Sous Sécurité, cliquez sur Fournisseurs d'identités et sur Exporter les métadonnées SAML.

-

Sélectionnez Fichier de métadonnées. Sous Métadonnées avec certificats autosignés, cliquez sur Télécharger le fichier XML et enregistrez ce fichier XML localement sur l'ordinateur. Il s'agit des métadonnées du SP.

Tâche 1.2 : créer une application SSO

Créez une application SSO dans le portail JumpCloud pour représenter la console OCI.

-

Dans le navigateur, connectez-vous au portail JumpCloud à l'aide de l'URL :

https://console.jumpcloud.com/login -

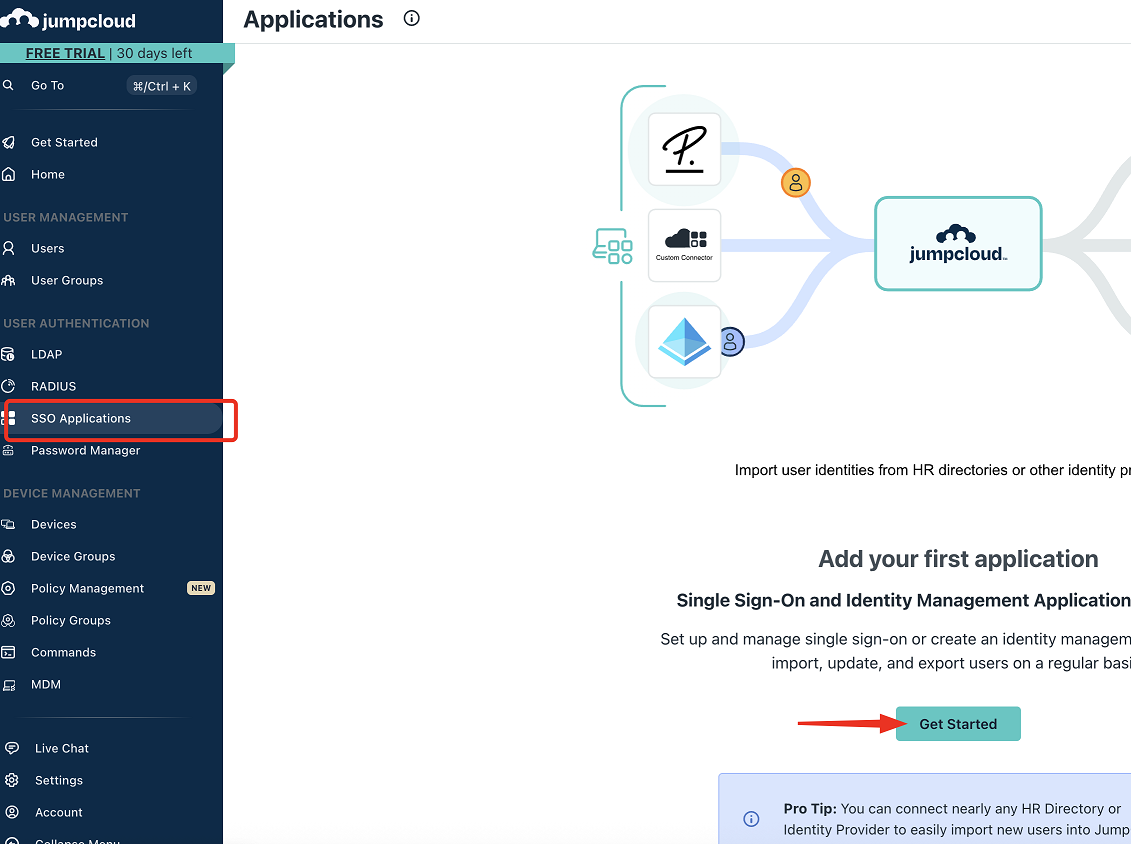

Sous USER AUTHENTICATION, sélectionnez SSO Applications et cliquez sur Get Started (Démarrer).

-

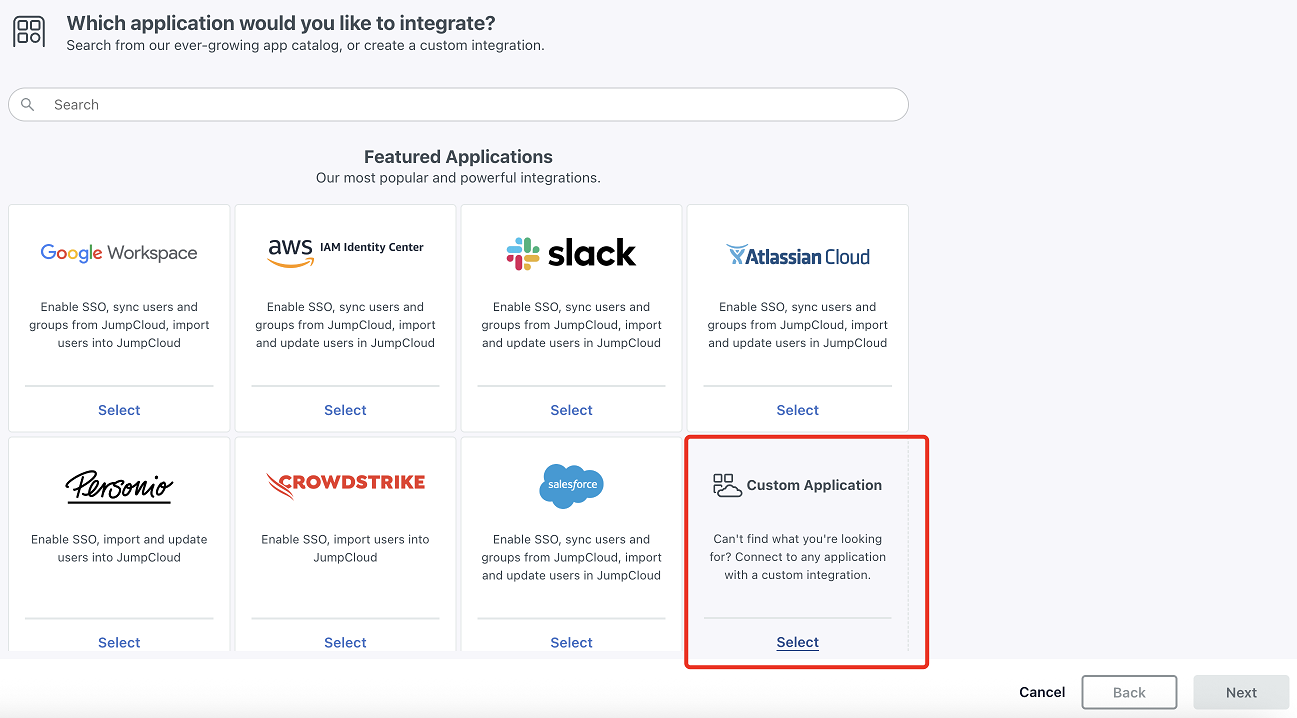

Sous Application personnalisée, cliquez sur Sélectionner, puis sur Suivant.

-

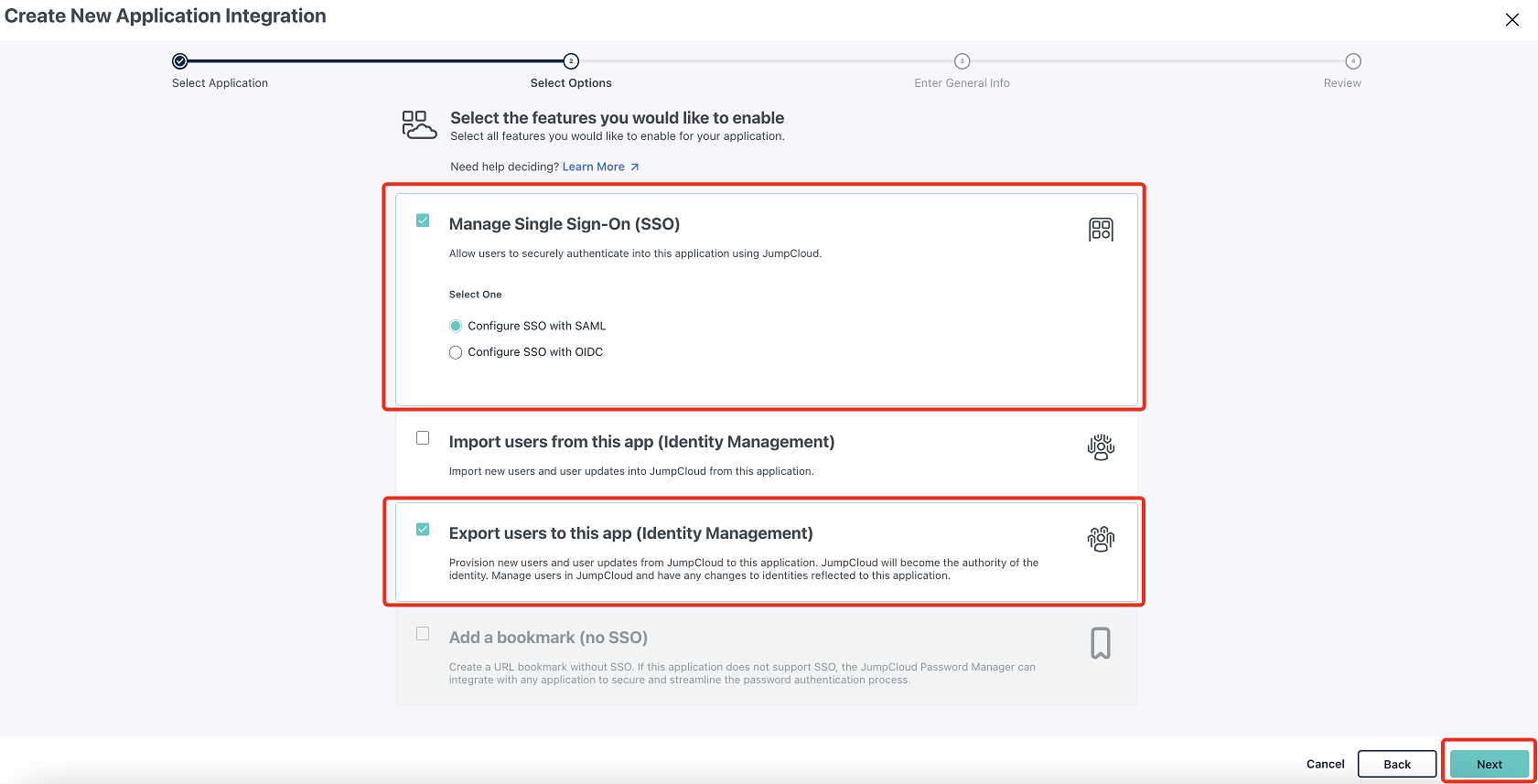

Sélectionnez Gérer l'accès avec connexion unique (SSO), puis Configurer l'accès avec connexion unique avec SAML. Sélectionnez Exporter les utilisateurs vers cette application (Identity Management) et cliquez sur Suivant.

-

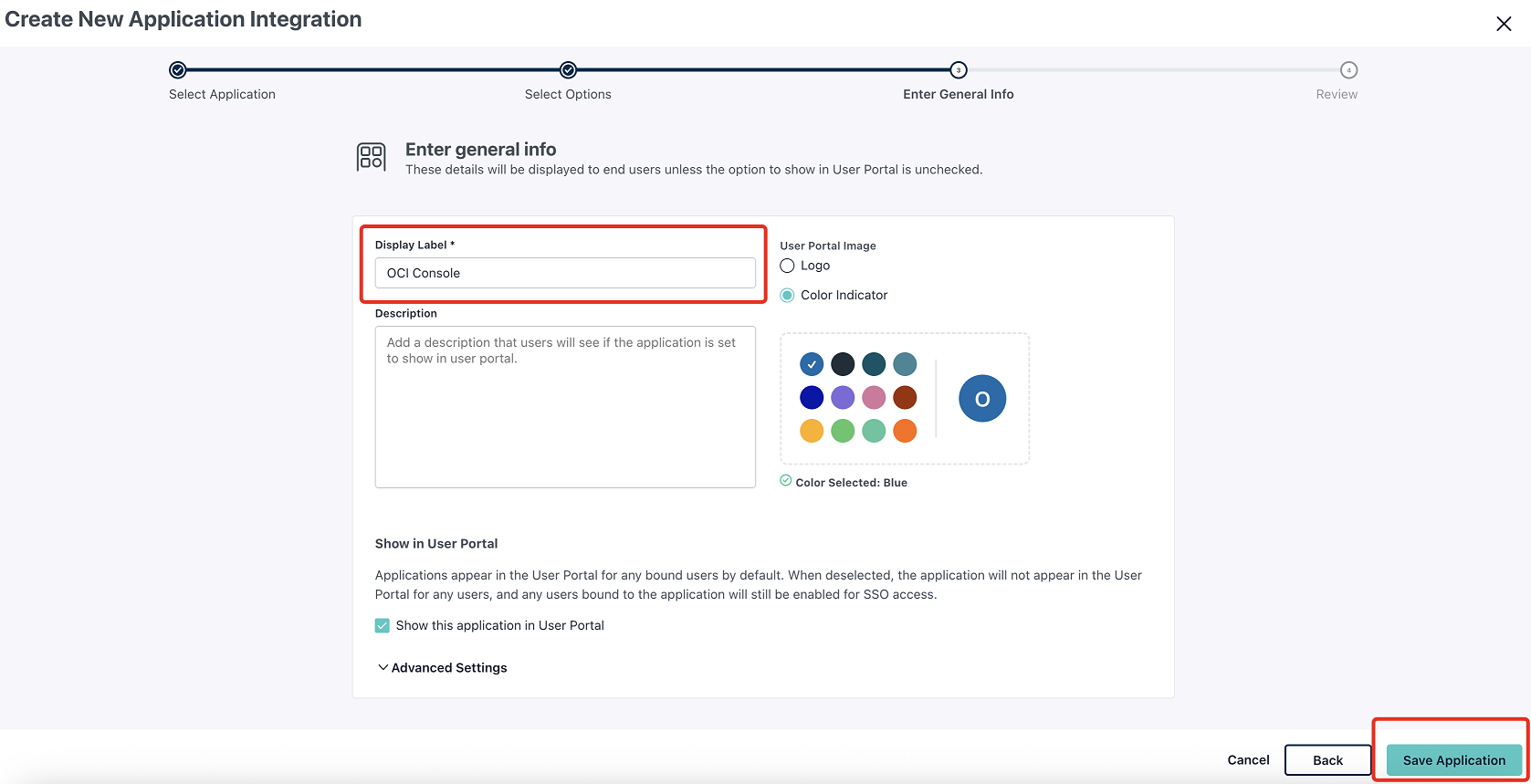

Entrez un nom sous Libellé d'affichage (par exemple,

OCI Console) et cliquez sur Enregistrer l'application. Cliquez ensuite sur Configurer l'application.

Tâche 1.3 : configurer l'application SSO

La configuration SSO est nécessaire sur la nouvelle application personnalisée.

-

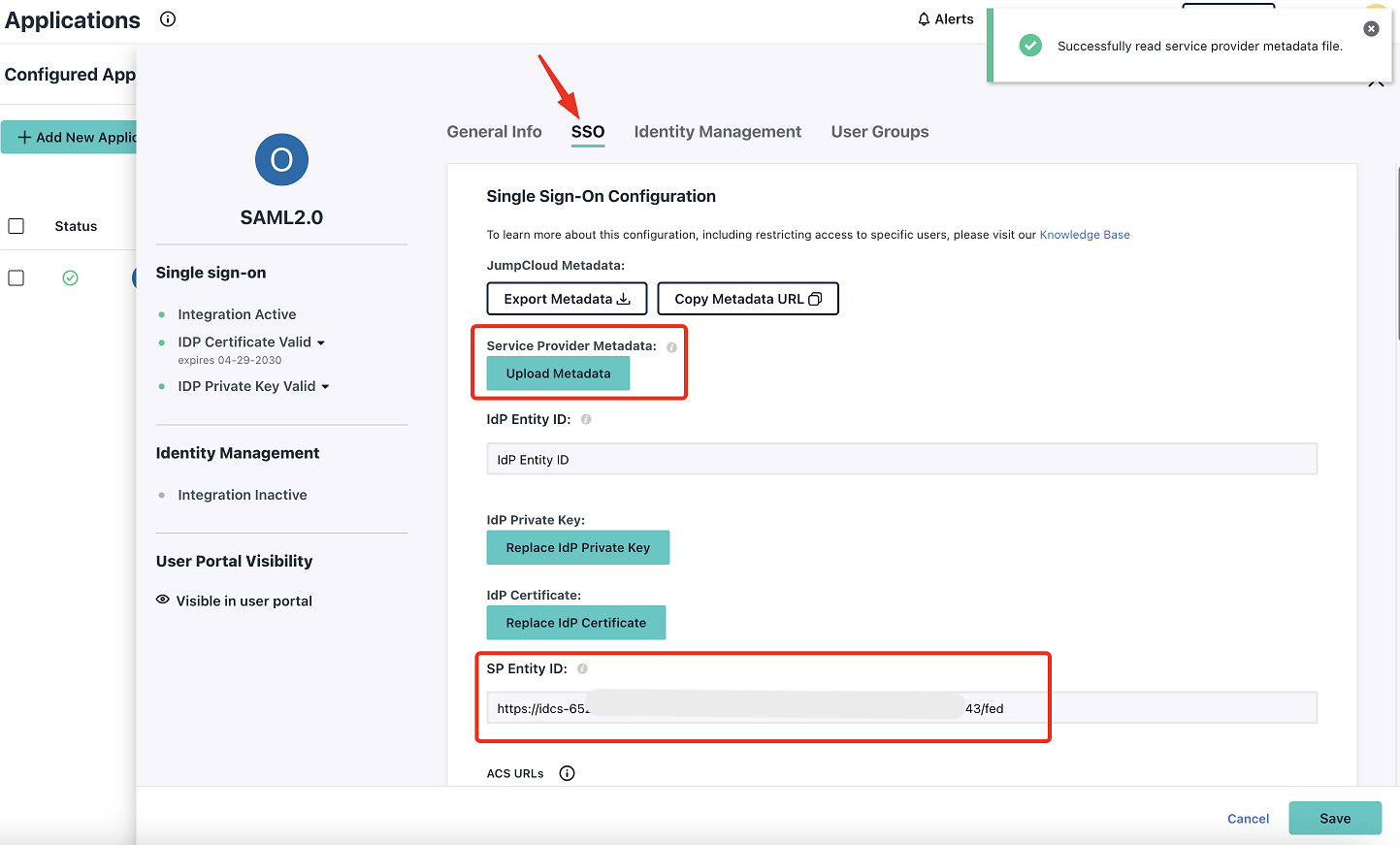

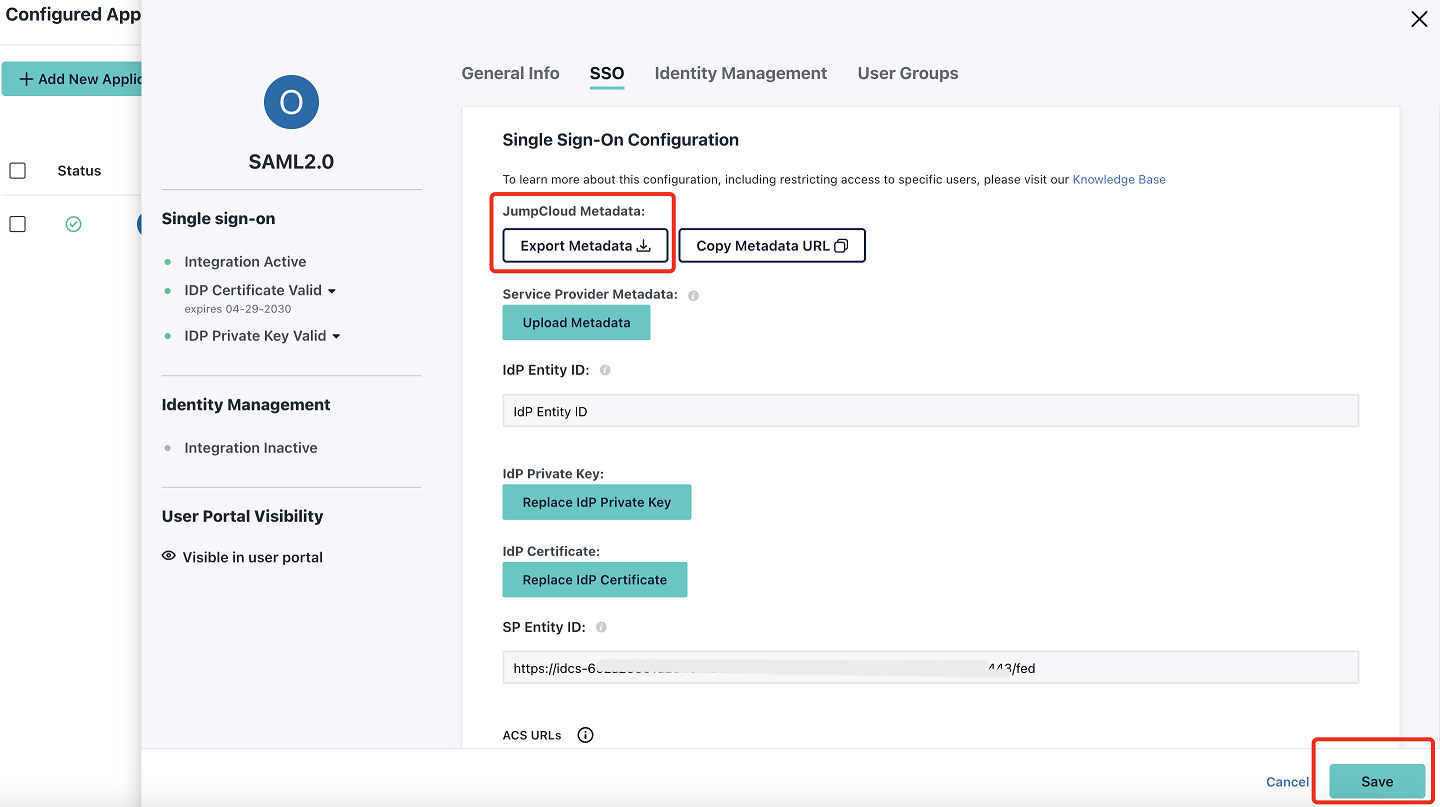

Dans l'onglet SSO, sous Métadonnées du fournisseur de services, cliquez sur Télécharger les métadonnées et sélectionnez le fichier de métadonnées du fournisseur de services enregistré dans la tâche 1.1.8.

-

Si l'ID d'entité SP et les URL ACS sont automatiquement renseignés, le fichier XML a été analysé correctement.

Sous JumpCloud Métadonnées, cliquez sur Exporter les métadonnées et enregistrez ce fichier XML localement sur l'ordinateur. Il s'agit des métadonnées IdP. Lorsque vous aurez terminé, cliquez sur Enregistrer.

Tâche 1.4 : activez JumpCloud en tant que IdP pour OCI IAM

Une nouvelle valeur IdP représente JumpCloud. Lorsque vous avez terminé, la stratégie IdP est configurée pour activer l'authentification SSO.

-

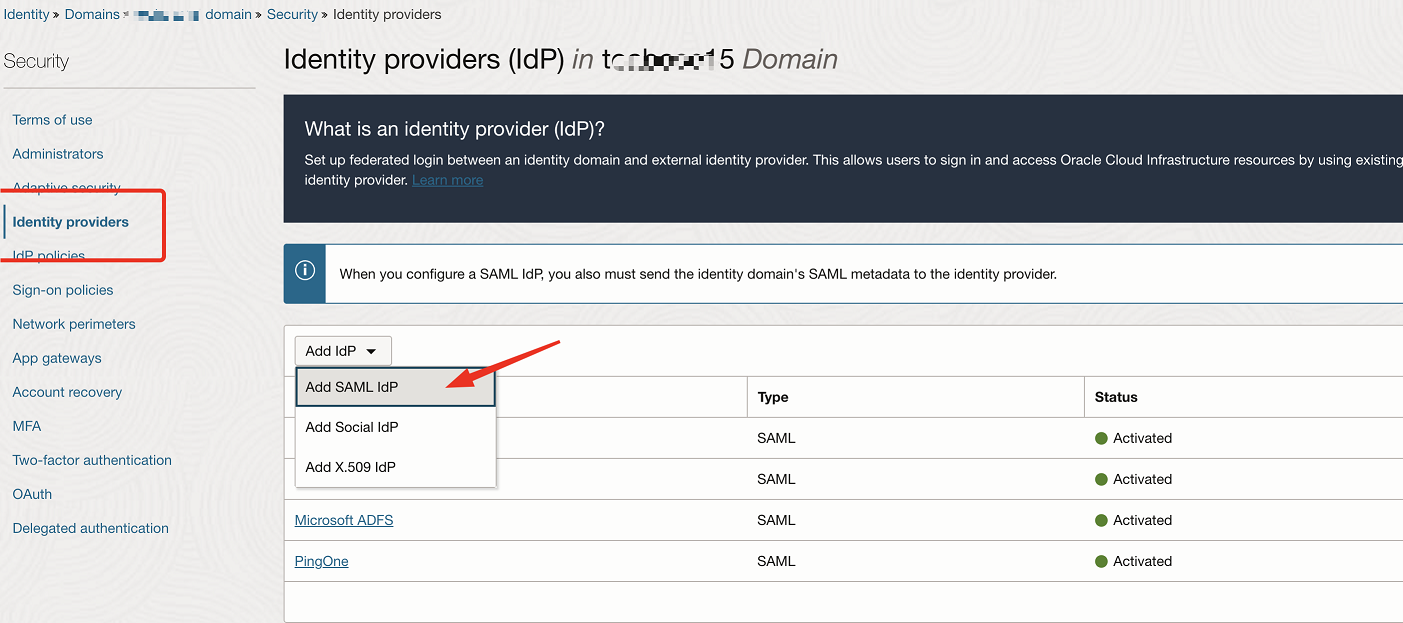

Dans la console OCI, accédez au domaine, sélectionnez Sécurité et cliquez sur Fournisseurs d'identités.

-

Sélectionnez Ajouter un IdP, puis cliquez sur Ajouter un IdP SAML.

-

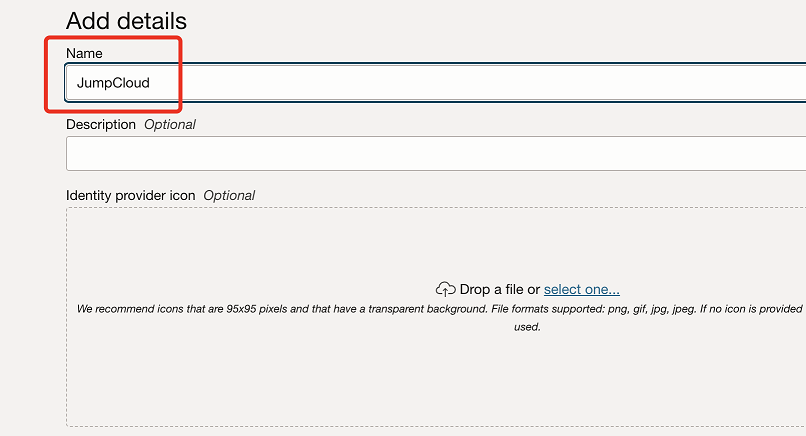

Entrez le nom (par exemple,

JumpCloud) du fournisseur d'identités SAML IdP et cliquez sur Suivant.

-

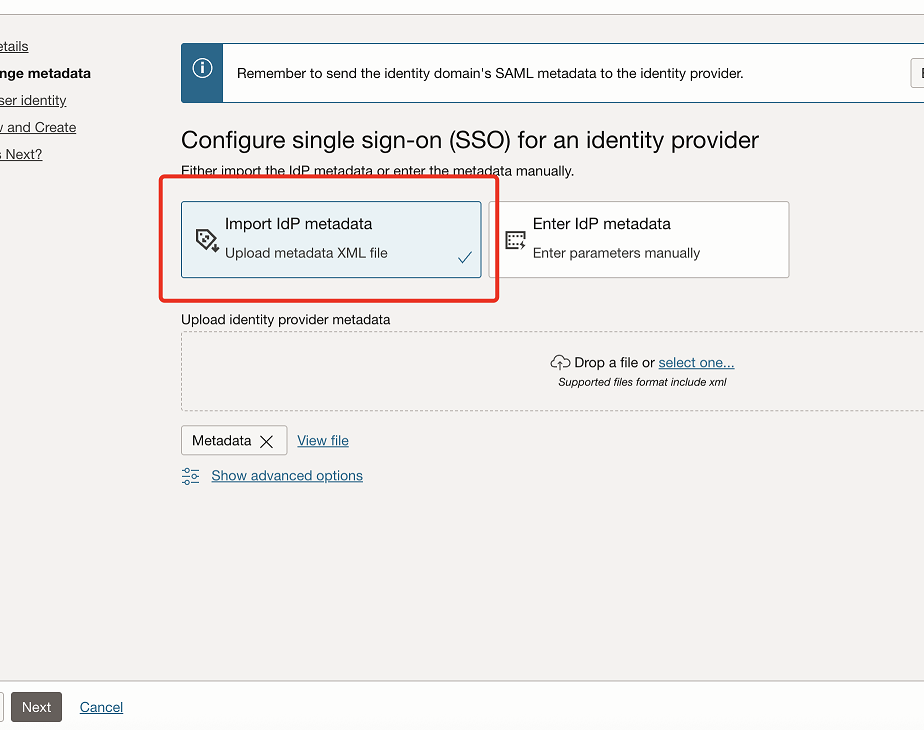

Veillez à sélectionner Importer des métadonnées IdP. Sous Télécharger les métadonnées du fournisseur d'identités, téléchargez les métadonnées IdP à partir de la tâche 1.3.2 et cliquez sur Suivant.

-

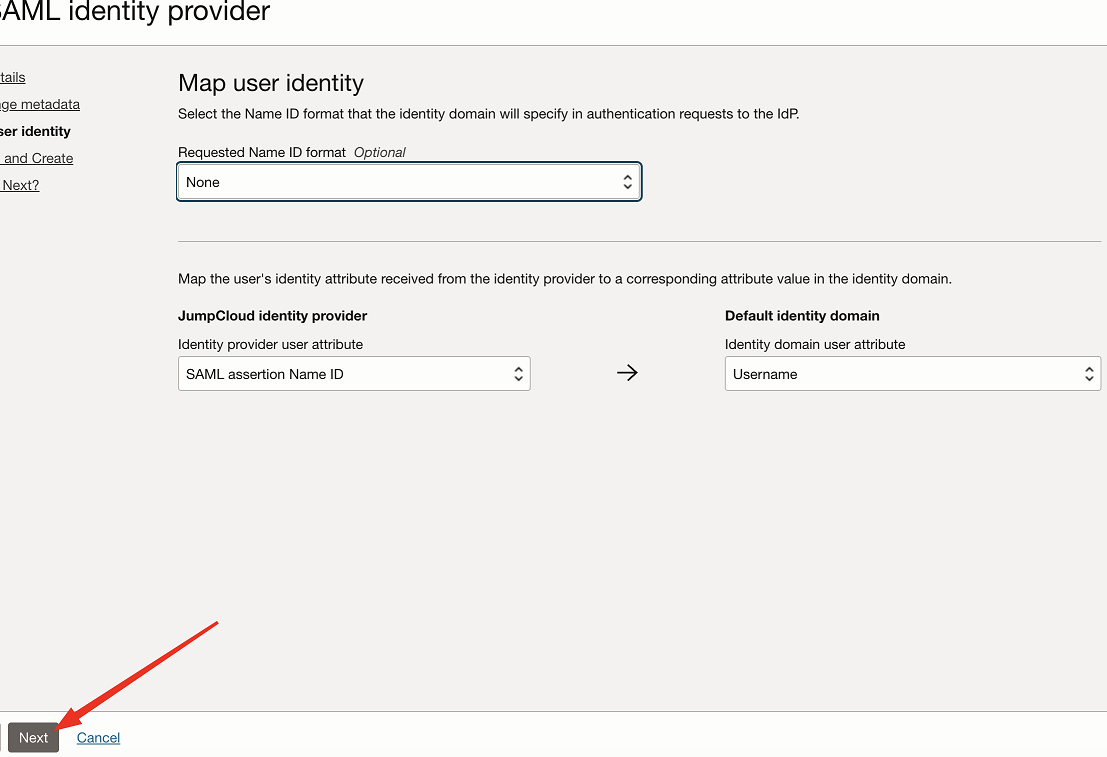

Dans Mettre en correspondance l'identité de l'utilisateur, entrez les informations suivantes et cliquez sur Suivant.

- Format NameID demandé : sélectionnez Aucun.

- Attribut utilisateur du fournisseur d'identités : sélectionnez ID de nom d'assertion SAML.

- Attribut utilisateur de domaine d'identité : sélectionnez Nom utilisateur.

-

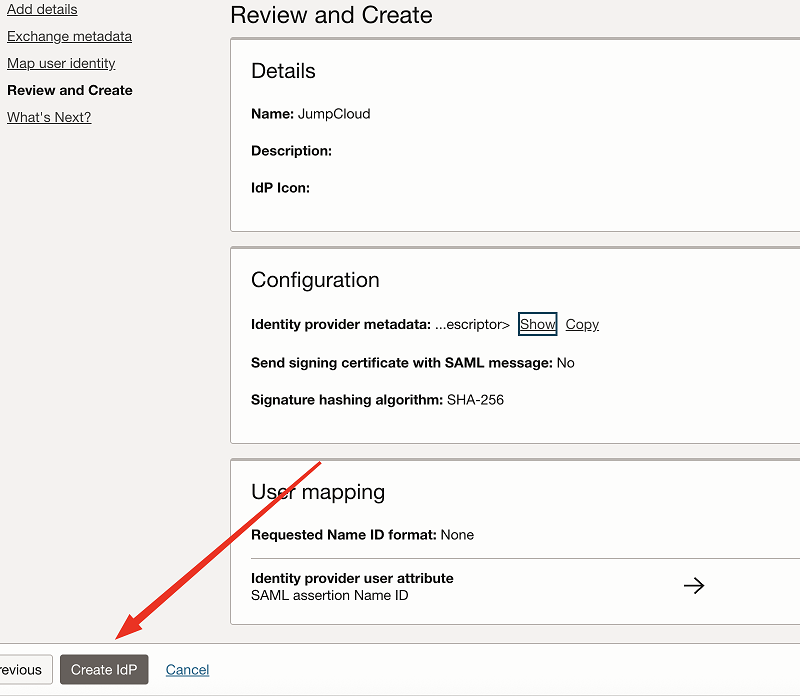

Dans Vérifier et créer, vérifiez la configuration et cliquez sur Créer IdP.

-

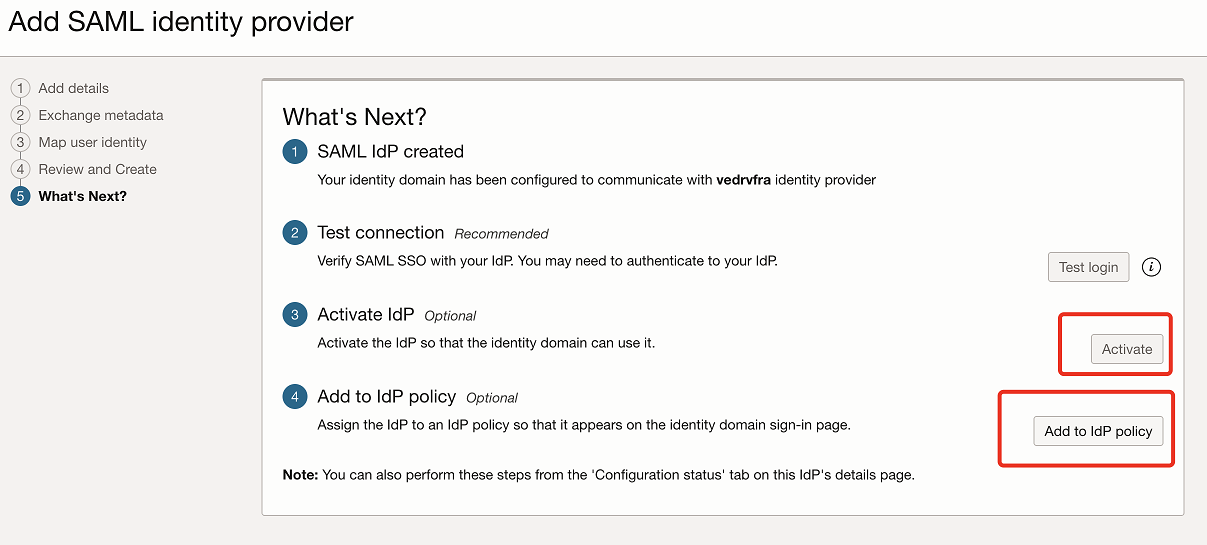

Cliquez sur Activer, puis sur Ajouter à la stratégie IdP.

Remarque : Prêt à l'emploi, une seule stratégie IdP par défaut est présente dans un domaine auquel aucune application n'est associée. Cela signifie essentiellement que toutes les applications entrent dans la portée de cette stratégie, y compris la console OCI. Si le domaine dispose de stratégies IdP personnalisées qui ciblent des applications spécifiques séparément, veillez à ajouter les règles nécessaires pour cibler la console OCI. Faites preuve de prudence, car toute mauvaise configuration peut entraîner un verrouillage.

-

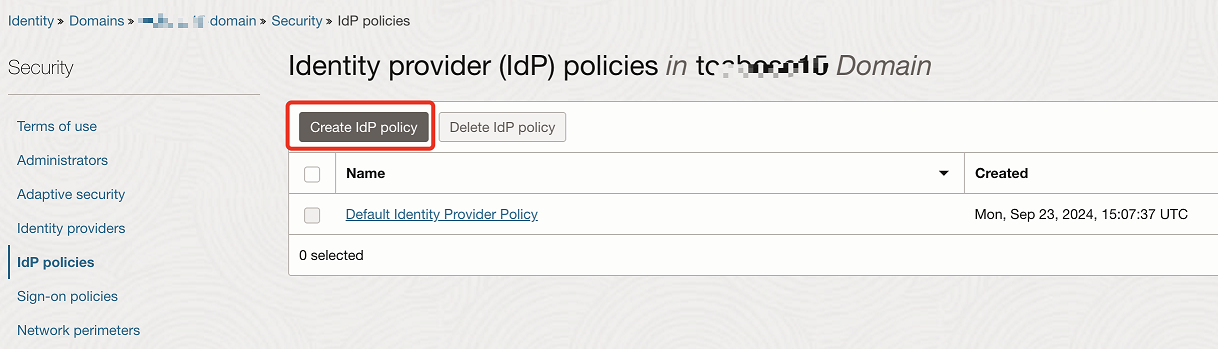

Cliquez sur Créer une stratégie IdP.

-

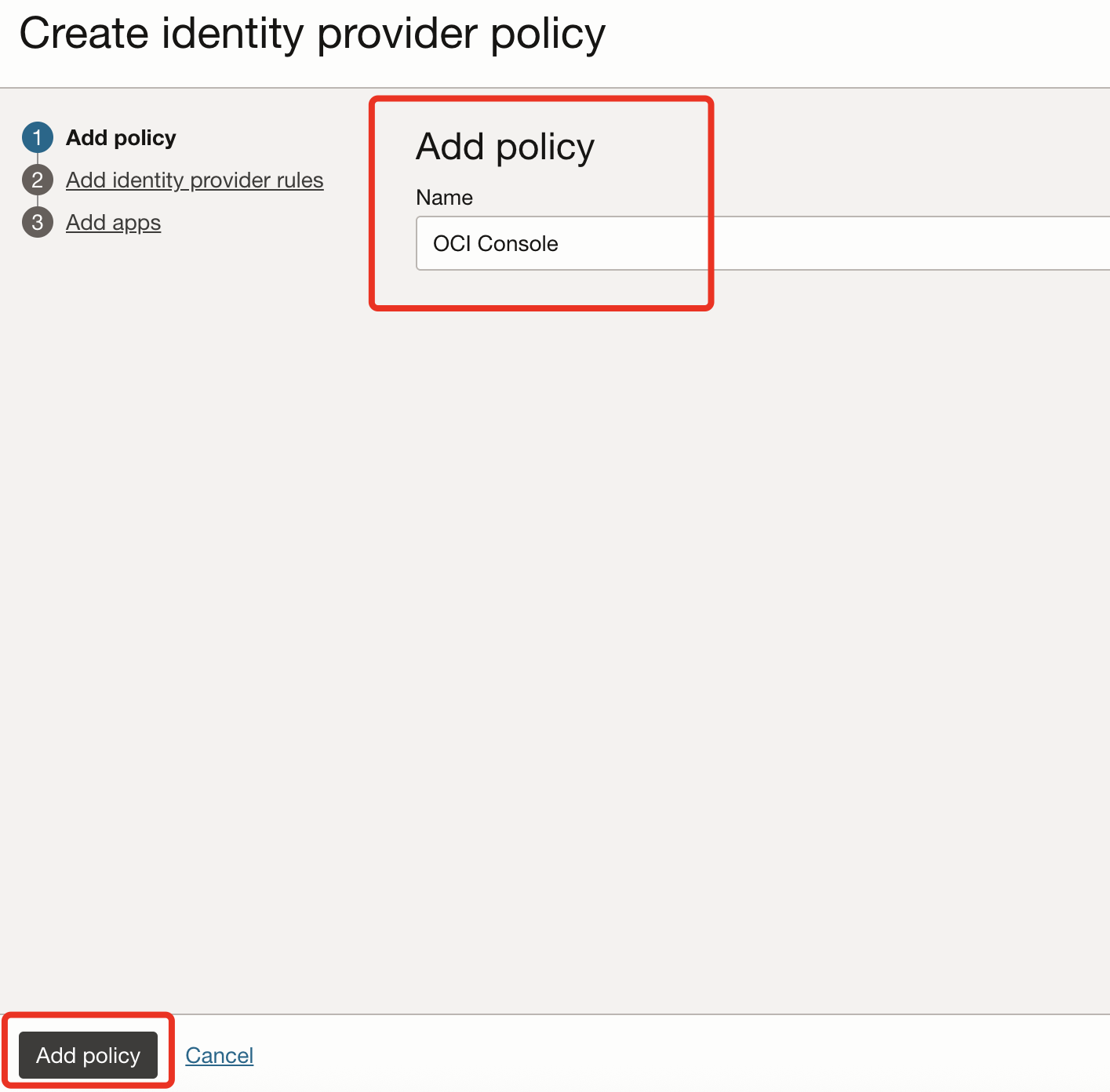

Dans Ajouter une stratégie, entrez un nom (par exemple,

OCI Console) et cliquez sur Ajouter une stratégie.

-

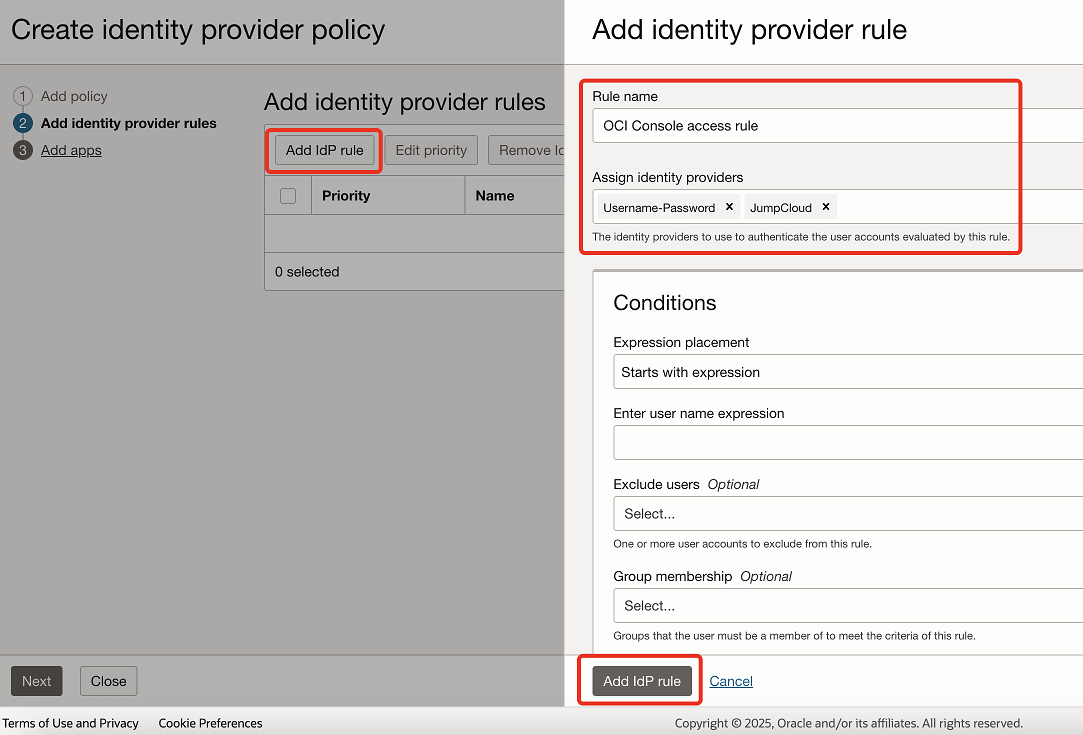

Dans Ajouter des règles de fournisseur d'identités, cliquez sur Ajouter une règle IdP et entrez un nom de règle. Par exemple,

OCI Console access rule.Sous Affecter des fournisseurs d'identités, sélectionnez Nom utilisateur-Mot de passe et JumpCloud. Lorsque vous avez terminé, cliquez sur Ajouter une règle IdP, puis sur Suivant.

Remarque : l'option Nom utilisateur-Mot de passe est ajoutée pour conserver l'authentification locale. Cela évite un verrouillage en cas de problèmes dans les paramètres de fédération.

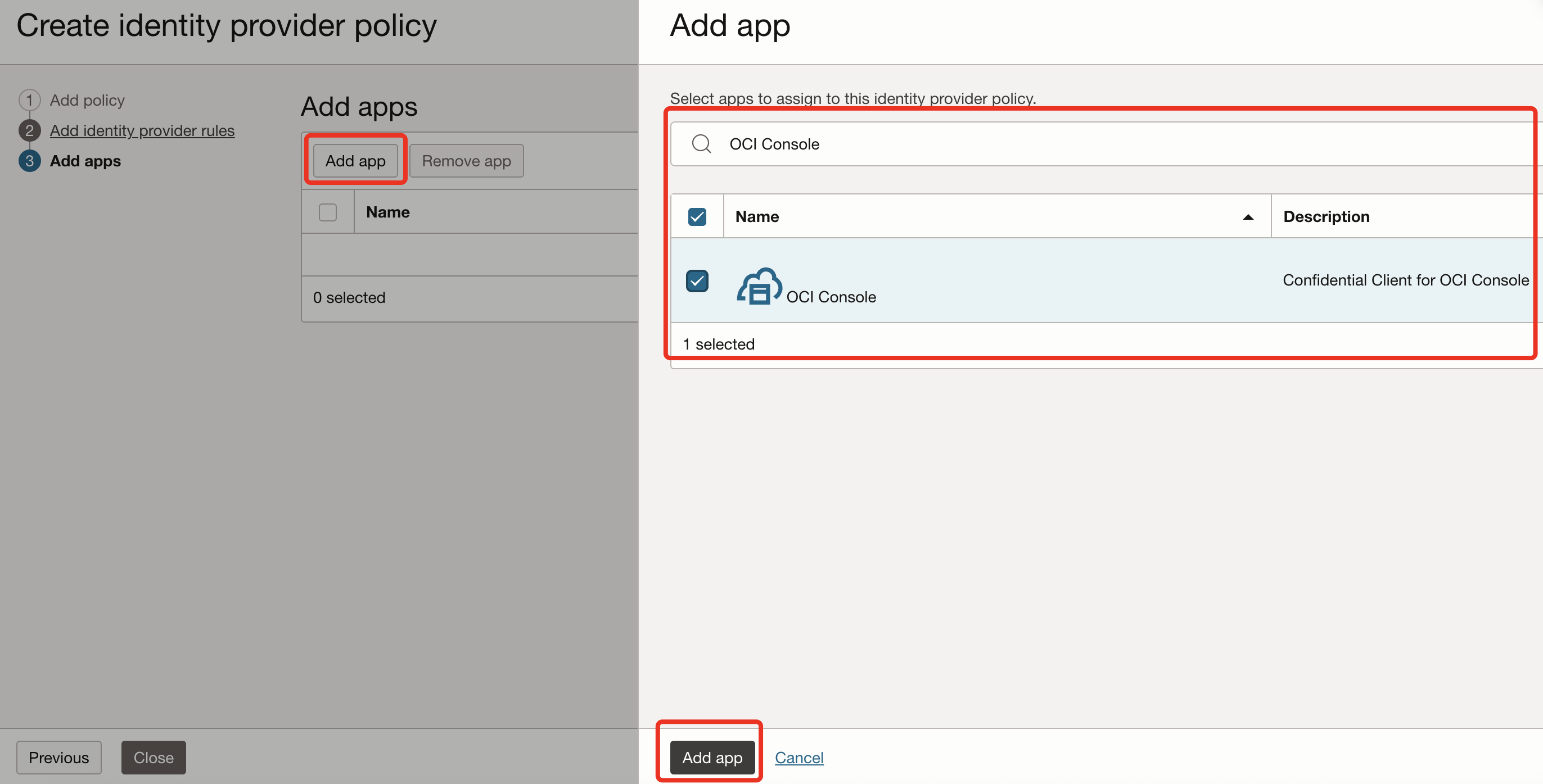

-

Cliquez sur Ajouter une application, recherchez et sélectionnez Console OCI dans la liste. Cliquez sur Ajouter une application, puis sur Fermer.

Section 2 : Configuration du provisionnement des utilisateurs basé sur SCIM 2.0

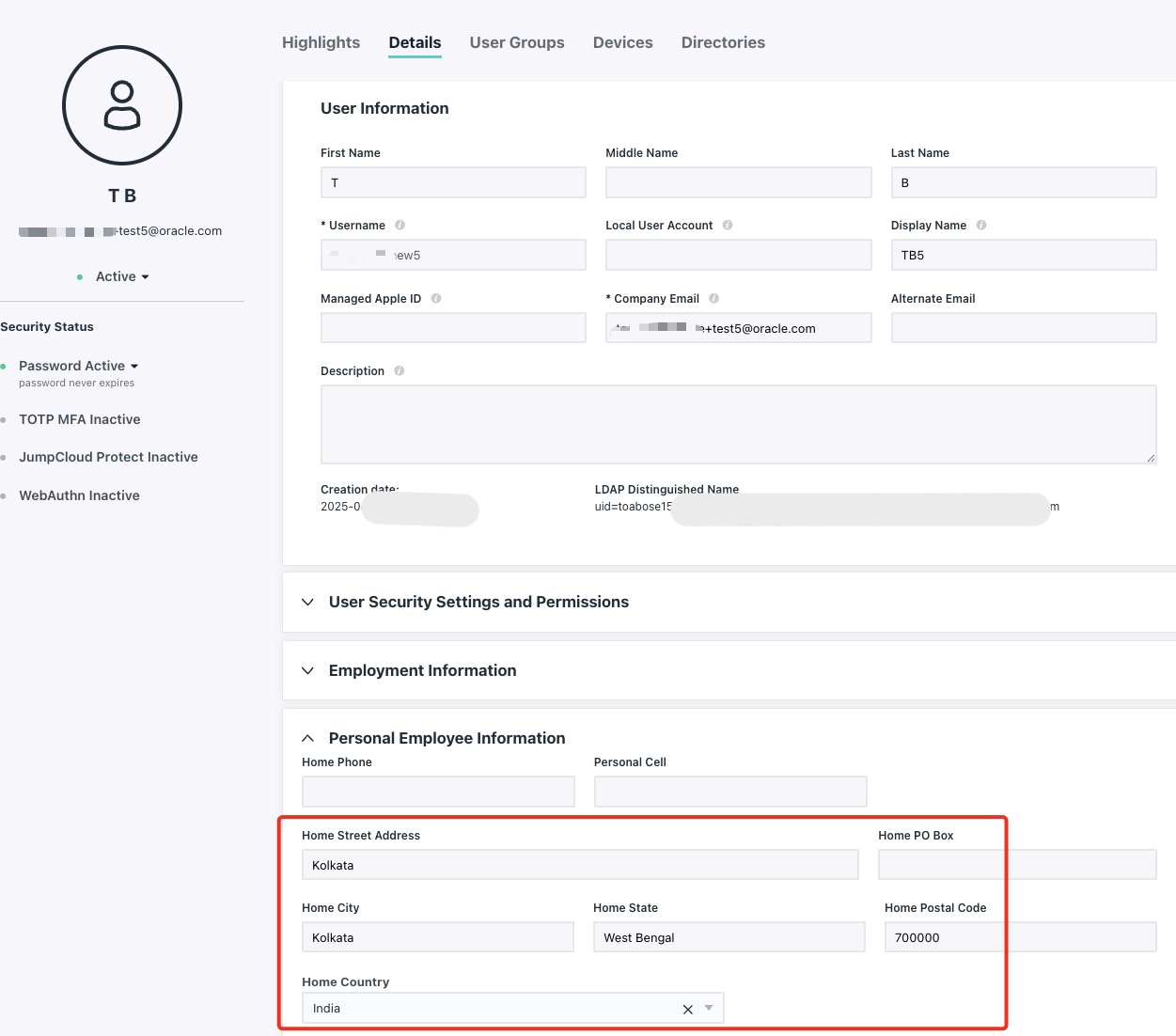

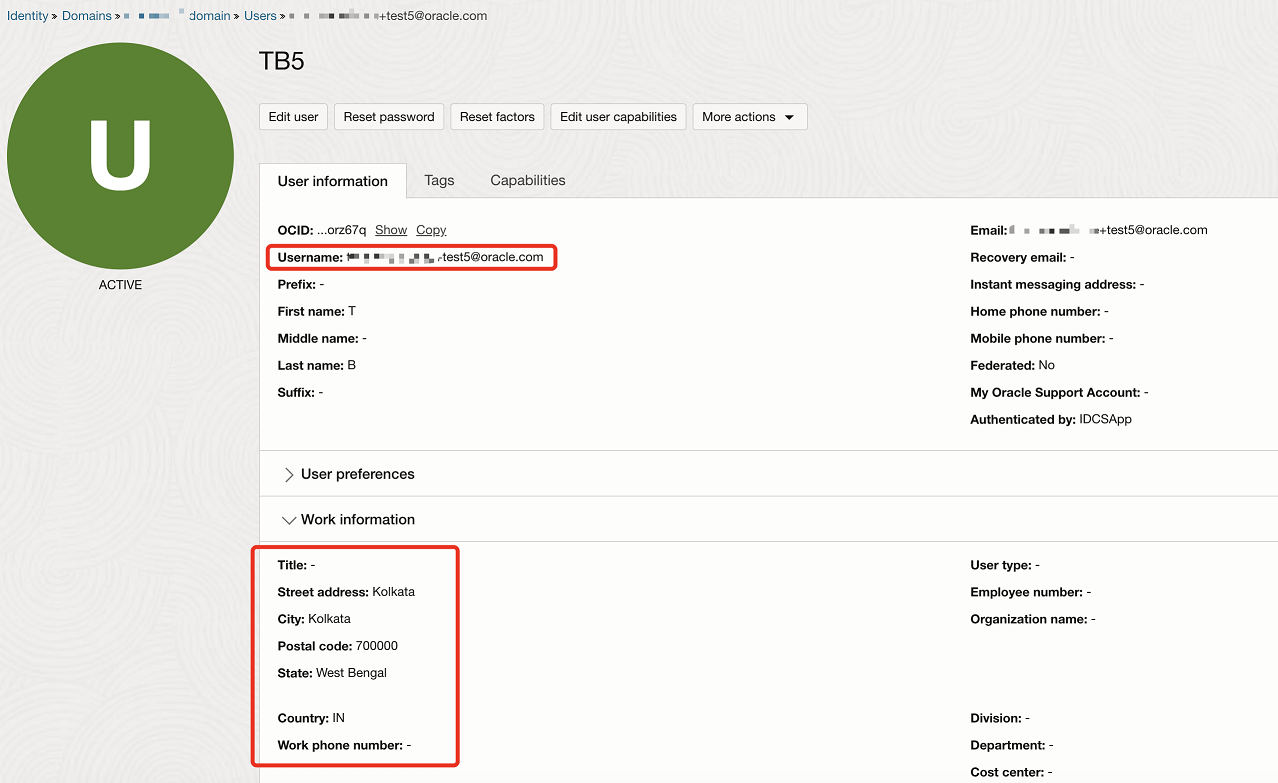

La gestion du cycle de vie utilisateur est configurée entre JumpCloud et OCI IAM, où JumpCloud agit en tant que banque d'identités. Assurez-vous que tous les utilisateurs destinés au provisionnement en aval disposent des valeurs appropriées pour les attributs suivants :

- Prénom

- Nom de famille

- Courriel de la société

- Nom d'affichage

- Pays de l'organisation

- Ville de travail

- Etat du travail (région)

- Adresse professionnelle

- Code postal

Remarque : la mise en correspondance de l'adresse électronique de la société avec le nom utilisateur garantit la cohérence dans l'objet/NameID SAML et est requise pour que SSO fonctionne. Exemple :

><saml2:Subject><saml2:NameID Format="urn:oasis:names:tc:SAML:1.0:nameid-format:unspecified">XXX+test4@oracle.com</saml2:NameID> >

Tâche 2.1 : création d'une application confidentielle dans OCI IAM et génération d'un jeton secret

Un client OAuth 2.0 est inscrit dans OCI IAM. Les flux appropriés sont activés et des privilèges sont accordés. Les informations d'identification de ce client sont collectées.

-

Accédez à la console OCI, accédez à Domaines et sélectionnez le domaine utilisé dans la section 1.

-

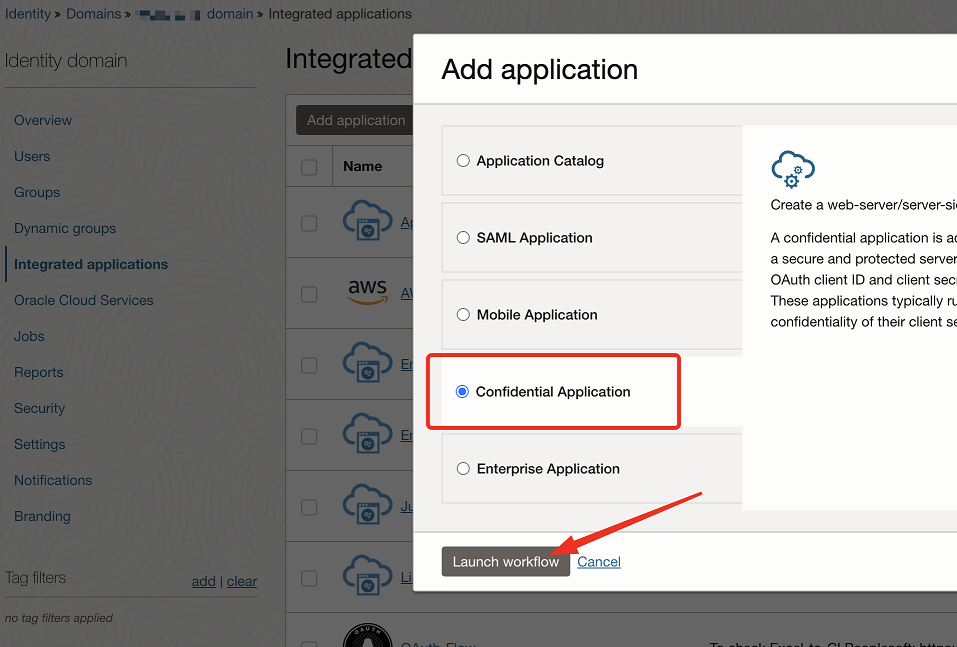

Accédez à Applications intégrées, sélectionnez Ajouter une application, Application confidentielle et cliquez sur Lancer le workflow.

-

Entrez un nom (par exemple,

SCIMclient) pour l'application confidentielle et cliquez sur Suivant. -

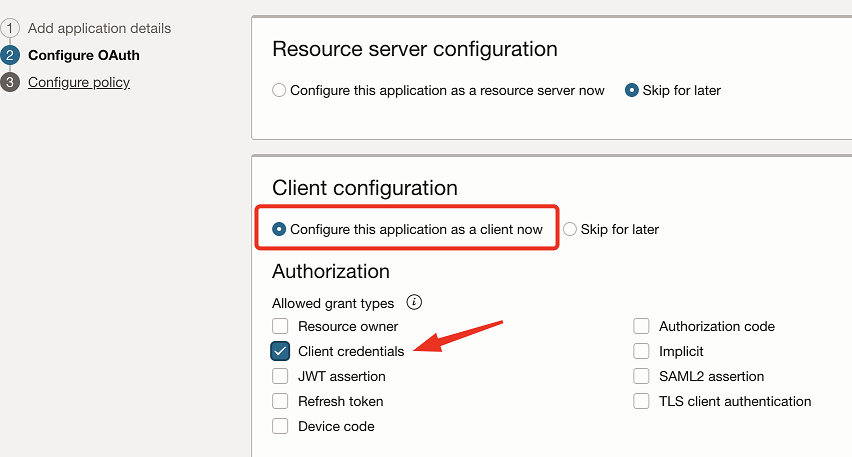

Dans la section Configuration client, sélectionnez Configurer cette application en tant que client maintenant et sous Autorisation, sélectionnez Informations d'identification client.

-

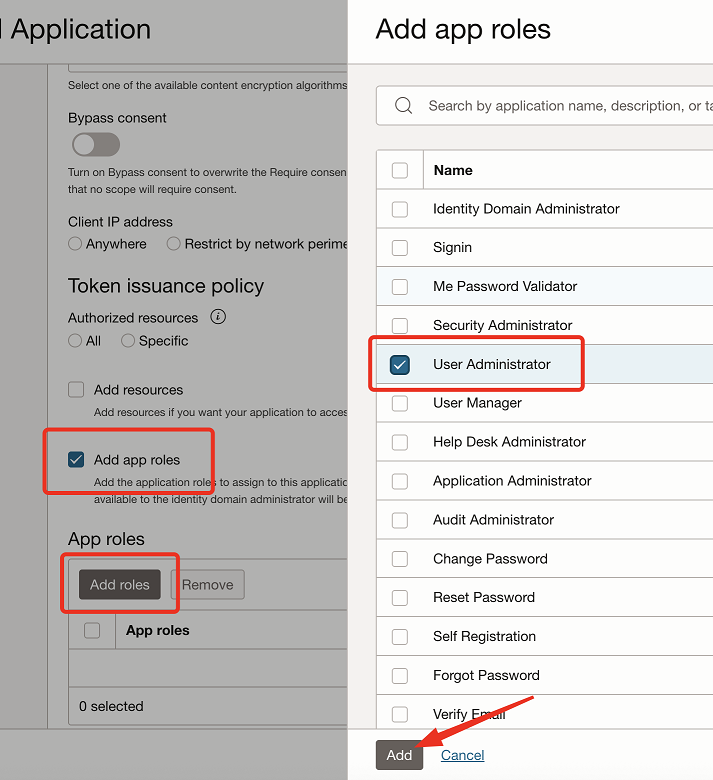

Sélectionnez Ajouter un rôle d'application, puis cliquez sur Ajouter un rôle. Sur la page Ajouter des rôles d'application, sélectionnez Administrateur d'utilisateur, puis cliquez sur Ajouter.

-

Cliquez sur Suivant et sur Terminer.

-

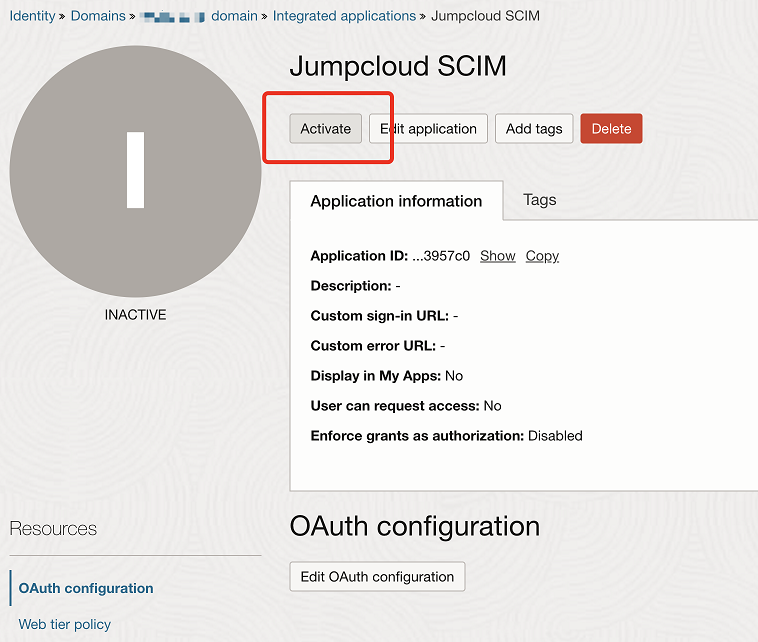

Cliquez sur Activer afin d'activer la nouvelle application.

-

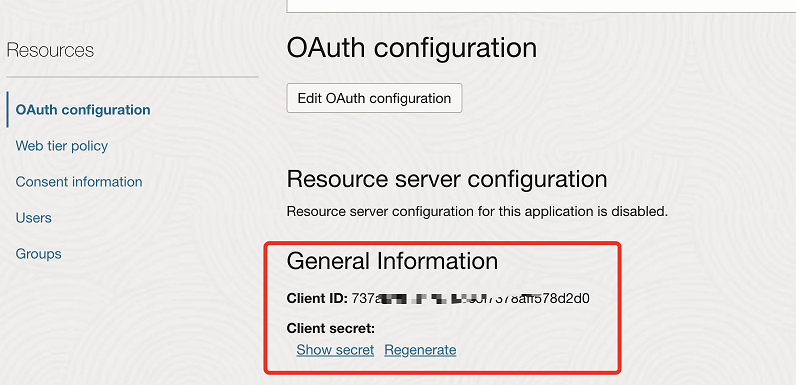

Dans la section Informations générales, notez l'ID client et la clé secrète client, puis sélectionnez Afficher la clé secrète pour afficher le texte brut.

-

Le jeton secret est l'encodage base64 de clientID et de clientsecret.

-

Pour Windows, ouvrez PowerShell et exécutez la commande suivante pour générer l'encodage base64.

[Convert]::ToBase64String([Text.Encoding]::UTF8.GetBytes("<clientID>:<clientsecret>”)) -

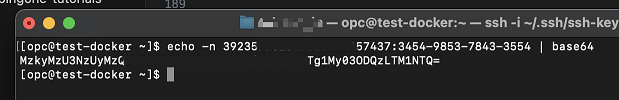

Pour MacOS, utilisez Terminal pour exécuter la commande suivante.

echo -n <clientID>:<clientsecret> | base64Le jeton secret est renvoyé. Exemple :

echo -n 392357752xxxx7523923457437:3454-9853-7843-3554 | base64 Nk0NzUyMzxxxxxxxxxxxxxxxMzMtNTQzNC05ODc4LTUzNQ==

-

-

Notez le jeton secret.

Tâche 2.2 : recherche du GUID OCI IAM

Les détails de l'adresse SCIM sont requis par le client pour effectuer des appels d'API.

-

Accédez à la console OCI, accédez à Domaines et sélectionnez le domaine utilisé dans la section 1.

-

Sélectionnez Copier en regard de l'URL du domaine dans Informations sur le domaine et notez cela. Elle doit ressembler à ce qui suit :

https://<IdentityDomainID>.identity.oraclecloud.com:443 -

Ajoutez

/admin/v1à la fin de l'URL. L'URL finale doit se présenter comme suit :https://<IdentityDomainID>.identity.oraclecloud.com:443/admin/v1 -

Notez l'URL.

Tâche 2.3 : configurer la gestion des identités dans l'application JumpCloud

Accédez à JumpCloud, à l'adresse SCIM et aux informations d'identification OAuth 2.0.

-

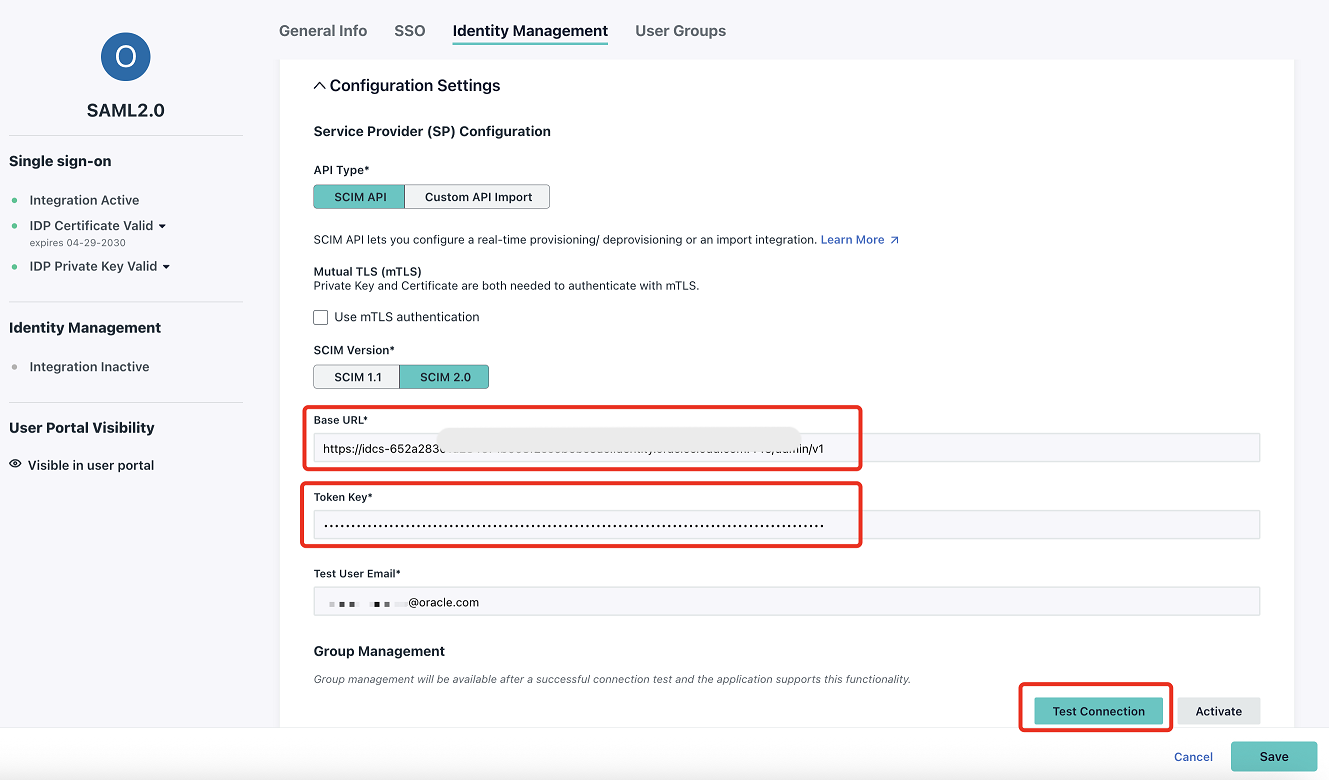

Ouvrez l'application SSO créée dans la tâche 1.1.2 et accédez à Gestion des identités.

-

Entrez les informations ci-après, mais cliquez sur Tester la connexion.

- Type d'API : sélectionnez API SCIM.

- Version SCIM : sélectionnez SCIM 2.0.

- URL de base : entrez l'URL de base de la tâche 2.2.4.

- Clé de jeton : entrez le jeton secret généré à partir de la tâche 2.1.10.

- Adresse électronique de l'utilisateur test : entrez l'adresse électronique d'un utilisateur dans le répertoire JumpCloud.

Remarque : si la connexion réussit, la personnalisation de l'attribut utilisateur SCIM devient disponible. Les groupes sont synchronisés avec OCI par défaut, mais vous pouvez le modifier en désactivant OFF la gestion des groupes.

-

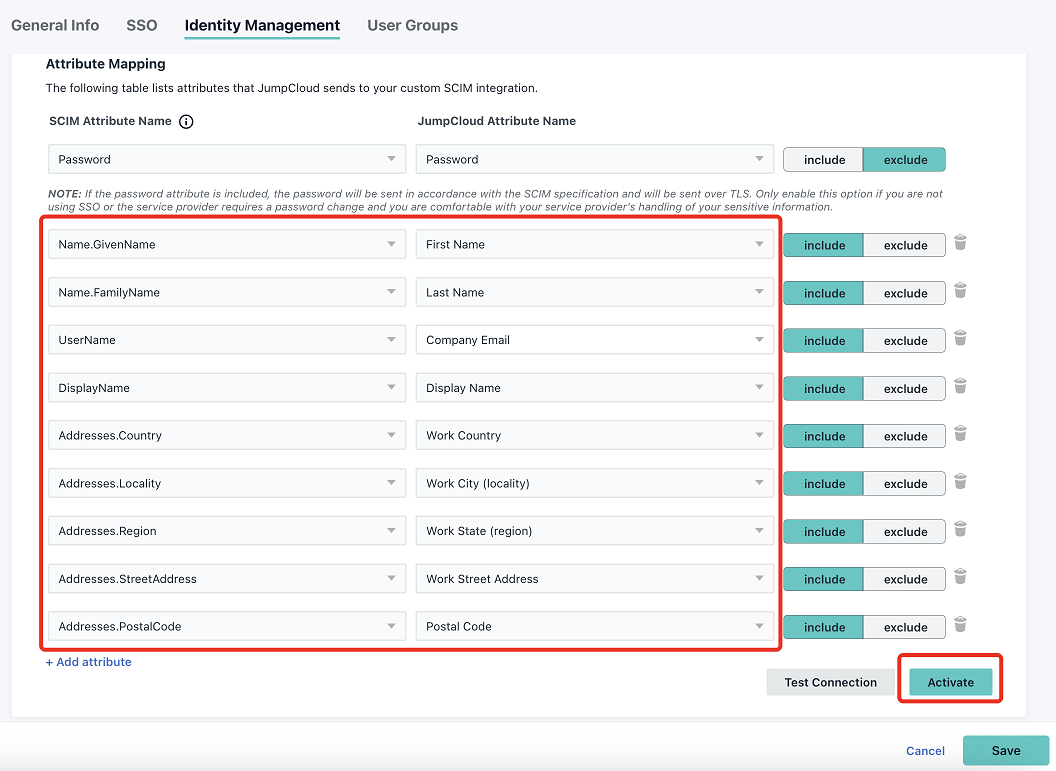

Dans Nom d'attribut SCIM, cliquez sur + Ajouter un attribut pour créer les correspondances d'attributs en fonction de l'image suivante. Lorsque vous avez terminé, cliquez sur Activer.

-

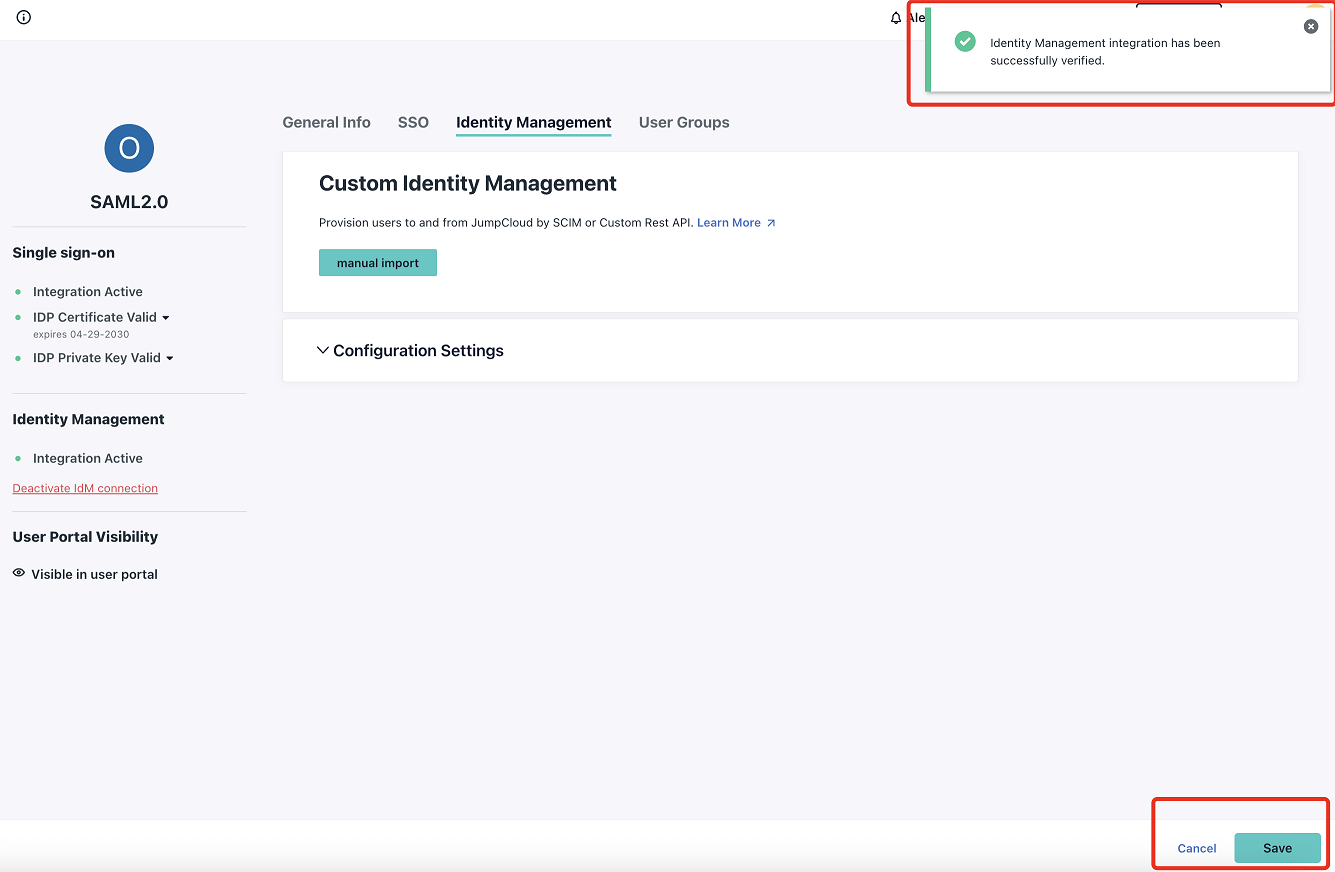

Une notification doit être envoyée concernant la connexion en cours de vérification. Cliquez sur Enregistrer.

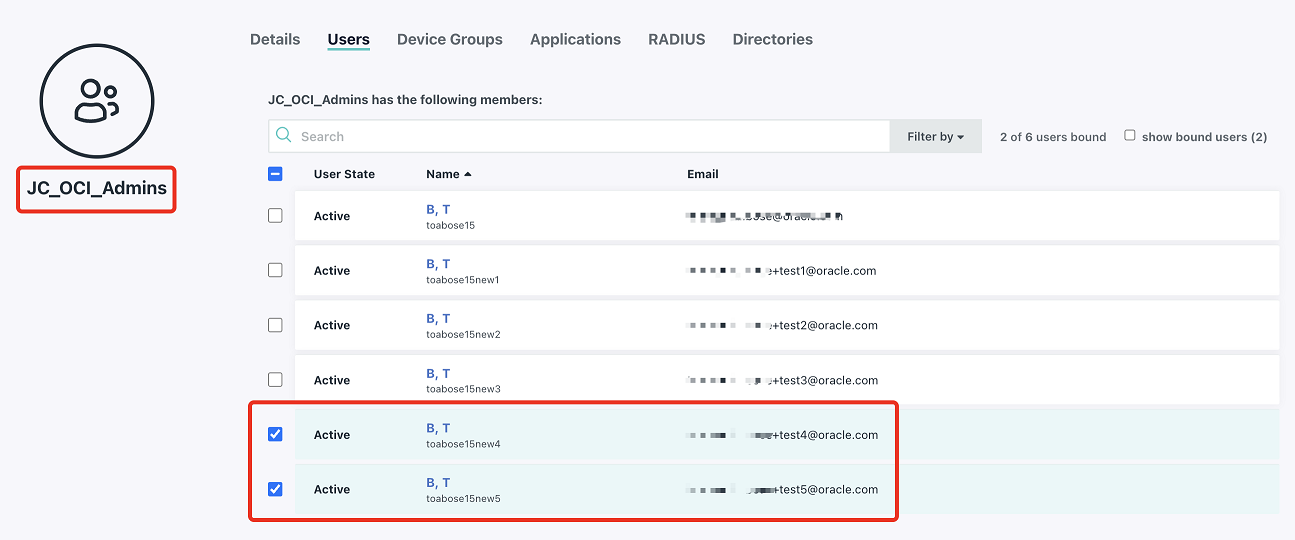

Tâche 2.4 : affecter des groupes à l'application JumpCloud

Remarque : avant de continuer, créez les groupes pour les administrateurs OCI dans JumpCloud.

Désormais, les groupes qui nécessitent un accès aux ressources Oracle sont alignés pour le provisionnement.

-

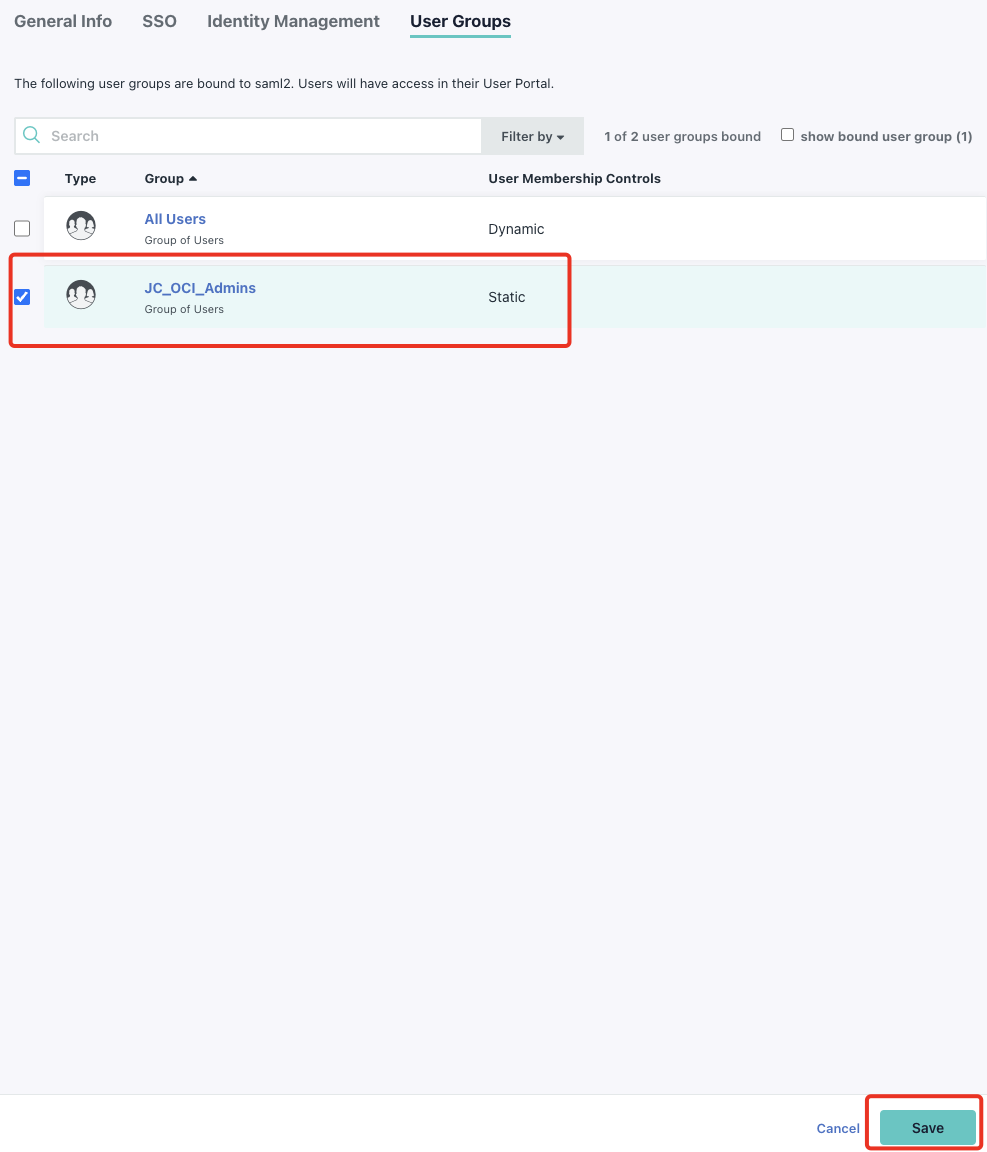

Ouvrez l'application SSO et accédez à l'onglet Groupes d'utilisateurs.

-

Sélectionnez les groupes devant être provisionnés dans OCI et cliquez sur Enregistrer.

Section 3 : Tester et valider

Remarque : pour que SSO fonctionne, le compte utilisateur SSO doit être présent à la fois dans OCI IAM et JumpCloud.

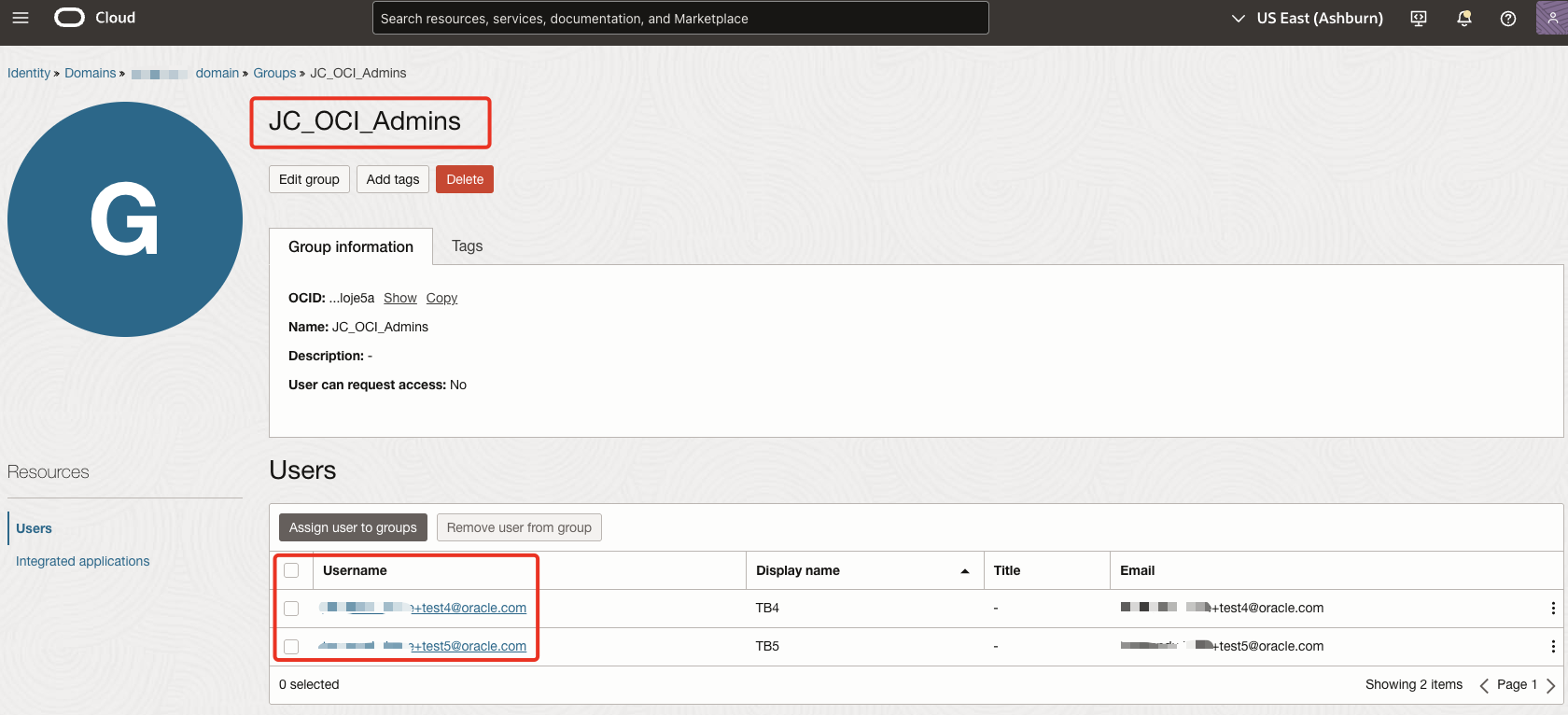

Enfin, les identités synchronisées sont validées et l'authentification fédérée est testée.

-

Ouvrez l'un des utilisateurs dans JumpCloud et dans la console OCI pour vérifier que les détails correspondent.

-

Répétez le même processus pour vérifier que les groupes sont synchronisés.

Remarque : maintenant que les identités sont synchronisées, nous allons valider la connexion SSO.

-

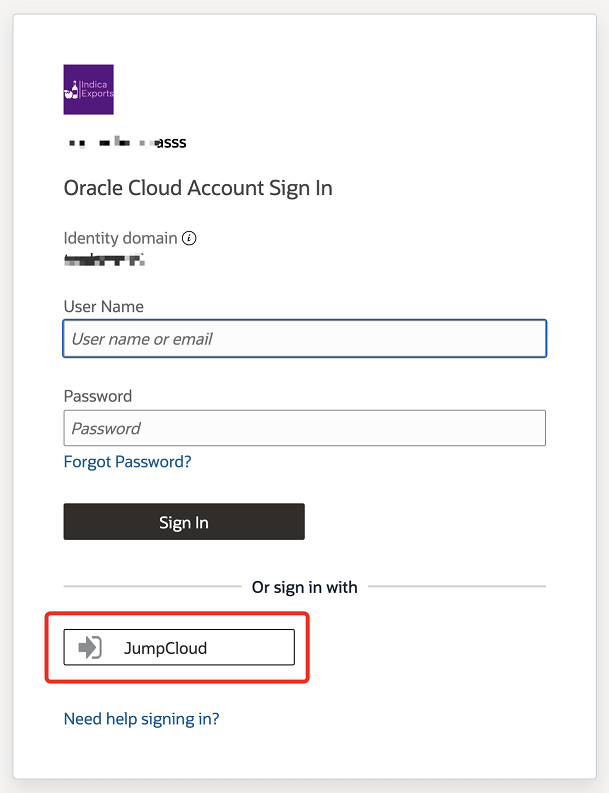

Dans une nouvelle fenêtre de navigateur, ouvrez la console OCI. Saisissez le nom de compte Cloud, également appelé nom de location, puis cliquez sur Suivant.

-

Sélectionnez le domaine d'identité dans lequel la fédération JumpCloud a été configurée.

-

Sur la page Connexion au compte Oracle Cloud, sélectionnez JumpCloud. La page de connexion JumpCloud doit être redirigée.

-

Entrez les informations d'identification JumpCloud de l'utilisateur fédéré. Une fois l'authentification réussie, une redirection vers la console OCI doit être effectuée.

Conclusion

Cette intégration élimine le besoin pour les administrateurs de gérer des informations d'identification OCI distinctes, ce qui améliore la sécurité et simplifie la gestion des accès. Cela permet également de gérer les identités, de réduire les frais administratifs et d'éliminer la redondance.

Accusés de réception

- Auteur - Tonmendu Bose (ingénieur senior du cloud)

Ressources de formation supplémentaires

Explorez d'autres ateliers sur le site docs.oracle.com/learn ou accédez à d'autres contenus d'apprentissage gratuits sur le canal Oracle Learning YouTube. En outre, visitez le site education.oracle.com/learning-explorer pour devenir un explorateur Oracle Learning.

Pour obtenir de la documentation sur le produit, consultez Oracle Help Center.

Set up Single Sign-On and User Provisioning between OCI IAM and JumpCloud

G33638-02