Remarque :

- Ce tutoriel nécessite l'accès à Oracle Cloud. Pour vous inscrire à un compte gratuit, reportez-vous à Introduction à Oracle Cloud Infrastructure Free Tier.

- Il utilise des exemples de valeur pour les informations d'identification Oracle Cloud Infrastructure, la location et les compartiments. A la fin de votre atelier, remplacez ces valeurs par celles propres à votre environnement cloud.

Chiffrez les machines virtuelles à l'aide de Entrust KeyControl et de VMware vSphere® avec Oracle Cloud VMware Solution

Introduction

Ce tutoriel fournit une présentation opérationnelle de l'utilisation de la solution Entrust KeyControl 5.4 avec le cluster SDDC (Oracle Cloud VMware Solution). Ce tutoriel vise à fournir les options disponibles et à mettre en évidence les étapes d'utilisation de l'outil Entrust KeyControl avec Oracle Cloud VMware Solution.

Oracle et VMware ont développé une solution SDDC entièrement certifiée et prise en charge appelée solution VMware Oracle Cloud. Cette solution utilise Oracle Cloud Infrastructure (OCI) pour héberger un SDDC VMware hautement disponible. Elle permet également une migration transparente des charges de travail de SDDC VMware sur site vers Oracle Cloud Infrastructure.

Pourquoi utiliser le chiffrement de machine virtuelle ?

Pour débloquer pleinement tous les avantages de la virtualisation, il est important de disposer d'une position de sécurité unique conçue pour protéger votre environnement virtualisé. Le cryptage des machines virtuelles offre un haut niveau de sécurité sur lequel vous pouvez compter pour assurer la sécurité des données critiques.

Prérequis

- Déployer un cluster KeyControl v5.4 Entrust

- Configurer le SDDC Oracle Cloud VMware Solution avec les hôtes VMware vCenter Server® et ESXi exécutant VMware vSphere® 7.x ou une version ultérieure

- Configurer une connexion sécurisée entre Entrust KeyControl et le serveur VMware vCenter

- Arrêtez les machines virtuelles à crypter

Objectif

Chiffrement des machines virtuelles à l'aide des stratégies de chiffrement Entrust KeyControl et VMware vSphere® avec Oracle Cloud VMware Solution

Tâche 1 : sélectionnez la machine virtuelle pour le cryptage

-

Connectez-vous à Oracle Cloud VMware Solution Virtual Center Appliance (VCSA).

-

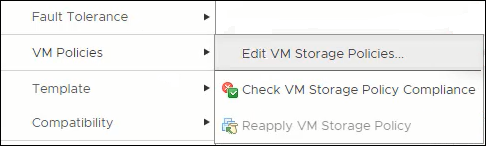

Cliquez avec le bouton droit de la souris sur une machine virtuelle et sélectionnez Stratégies de machine virtuelle, puis cliquez sur Modifier les stratégies de stockage de machine virtuelle.

Remarque :

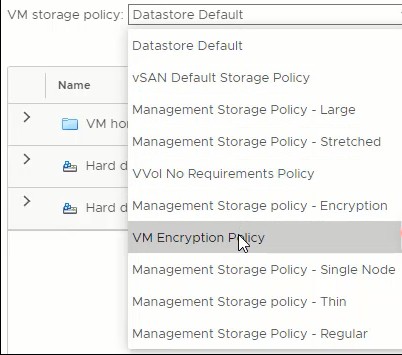

- La liste déroulante Stratégie de stockage de machine virtuelle s'affiche.

- Suivez les étapes pertinentes décrites dans Tâche 2 : crypter l'intégralité de la machine virtuelle ou crypter un fichier de disque VMware Virtual Machine Disk File (VMDK) spécifique selon que vous voulez crypter l'intégralité de la machine virtuelle ou crypter des VMDK spécifiques.

Tâche 2 : crypter l'intégralité de la machine virtuelle ou crypter des VMDK spécifiques

Assurez-vous que la machine virtuelle est hors tension et suivez les étapes décrites dans cette section selon que vous souhaitez crypter la totalité de la machine virtuelle ou des VMDK spécifiques.

Crypter l'intégralité de la machine virtuelle

-

Sélectionnez Stratégie de cryptage de machine virtuelle dans la liste déroulante Stratégie de stockage de machine virtuelle et cliquez sur OK.

Remarque :

- Au cours de cette phase, VMware vCenter demande une clé de chiffrement à Entrust KeyControl et la présente à l'hôte ESX où la machine virtuelle est affectée. Cette clé est appelée clé de cryptage (KEK).

- L'hôte ESX crée une clé de chiffrement des données (DEK) et la protège en encapsulant le DEK avec le KEK.

- Ensuite, l'hôte ESX commence à le chiffrer.

Crypter des VMDK spécifiques

-

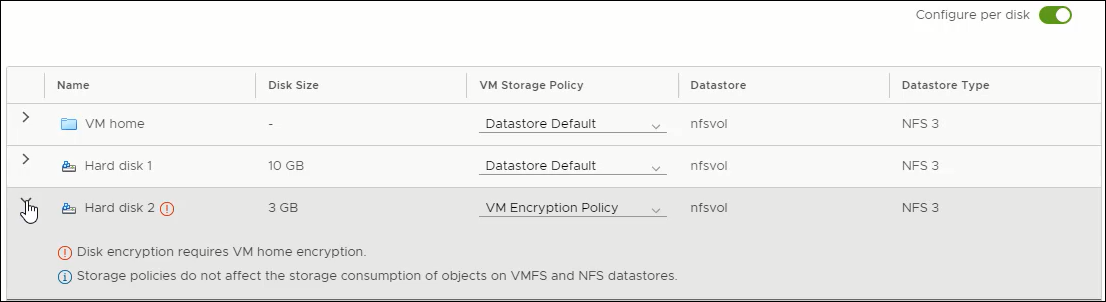

Activez l'option Configure per disk. La couleur devient verte lorsque la sélection par VMDK est activée.

-

Sélectionnez Stratégie de cryptage de machine virtuelle dans la liste déroulante Stratégie de stockage de machine virtuelle pour chaque VMDK à crypter.

-

Pour Répertoire de base de machine virtuelle, sélectionnez Stratégie de cryptage de machine virtuelle dans la liste déroulante Stratégie de stockage de machine virtuelle.

Remarque : vous ne pourrez PAS passer au-delà de cette étape si vous ne sélectionnez pas la même stratégie pour VM home.

-

Une fois que vous avez sélectionné la stratégie de cryptage de machine virtuelle pour chaque VMDK et répertoire de base de machine virtuelle, cliquez sur OK.

Remarque :

- Au cours de cette phase, VMware vCenter demande une clé de chiffrement à partir de KeyControl et la présente à l'hôte ESX où la machine virtuelle est affectée. Cette clé est appelée clé de cryptage (KEK).

- L'hôte ESX crée une clé de chiffrement des données (DEK) et la protège en encapsulant le DEK avec le KEK.

- Ensuite, l'hôte ESX commence à le chiffrer.

Etapes suivantes

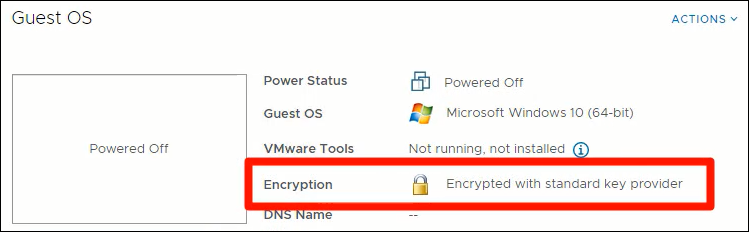

Une fois le cryptage de machine virtuelle terminé, le statut de cryptage de la machine virtuelle est Chiffré avec le fournisseur de clés standard.

Liens connexes

- Oracle Cloud VMware Solution

- Stratégies de stockage de machine virtuelle VMware vSphere

- Chiffrement de machine virtuelle VMware vSphere

- Entrust KeyControl

Revenus

- Auteur - Eran Maor (architecte principal de solutions cloud)

Ressources de formation supplémentaires

Explorez d'autres ateliers sur docs.oracle.com/learn ou accédez à davantage de contenu de formation gratuit sur le canal Oracle Learning YouTube. En outre, accédez à education.oracle.com/learning-explorer pour devenir explorateur Oracle Learning.

Pour consulter la documentation du produit, consultez Oracle Help Center.

Encrypt virtual machines using Entrust KeyControl and VMware vSphere with Oracle Cloud VMware Solution

F58664-01

June 2022

Copyright © 2022, Oracle and/or its affiliates.