Déploiement d'applications natives Cloud utilisant Oracle MySQL Database Service vers le Cloud

Vous pouvez utiliser les services suivants pour développer et déployer des applications cloud natives et migrer des applications héritées vers le cloud :

-

Oracle Container Engine for Kubernetes, parfois abrégé à OKE, est un service entièrement géré, évolutif et hautement disponible que vous pouvez utiliser pour déployer vos applications conteneurisées dans le cloud. Utilisez OKE lorsque votre équipe de développement souhaite construire, déployer et gérer des applications cloud natives de manière fiable.

-

Oracle Cloud Infrastructure Registry vous permet d'utiliser un registre Docker privé pour une utilisation interne, de pousser et d'extraire des images Docker vers et depuis le registre à l'aide de l'API V2 Docker et de l'interface de ligne de commande Docker standard (CLI).

-

Oracle MySQL Database Service est un service de base de données entièrement géré qui permet aux organisations de déployer des applications cloud natives à l'aide de la base de données open source la plus populaire au monde. Il s'agit de 100 % développés, gérés et pris en charge par l'équipe MySQL.

Architecture

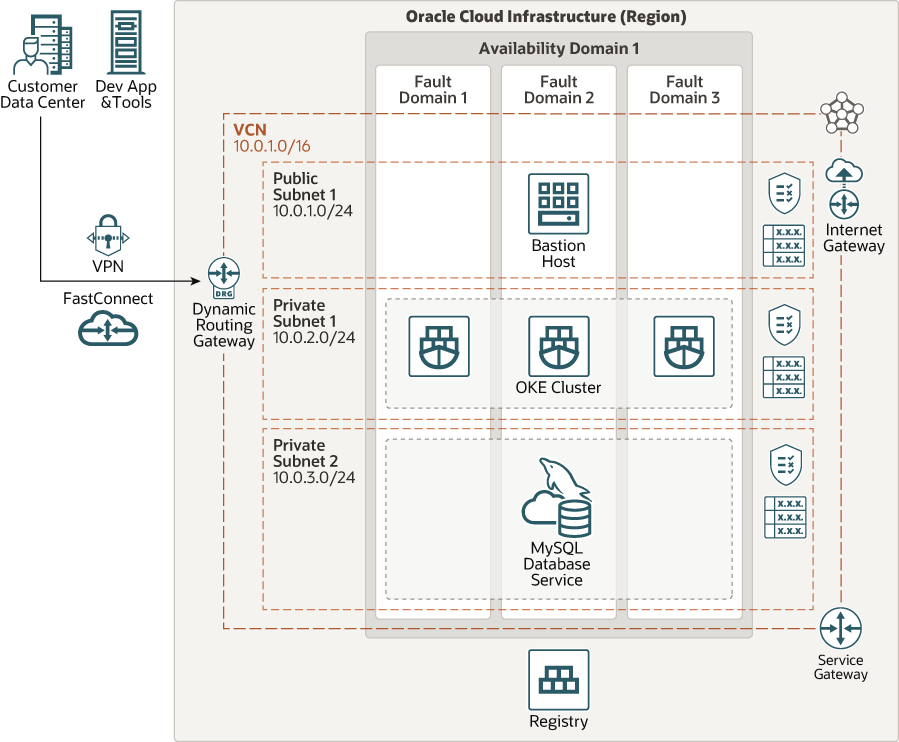

Cette architecture de référence dispose d'un cluster Oracle Container Engine for Kubernetes, également connu sous le nom de cluster OKE, Oracle MySQL Database Service et Oracle Cloud Infrastructure Registry pour prendre en charge les applications natives cloud développées et déployables.

Le diagramme suivant illustre cette architecture de référence.

Description de l'illustration deploy-cloud-native-apps.png

L'architecture comporte les composants suivants :

- Bastion host

L'hôte bastion est une instance de calcul qui sert de point d'entrée sécurisé et contrôlé vers la topologie depuis l'extérieur du nuage. L'hôte du bastion est généralement provisionné dans une zone démilitarisée (DMZ). Il vous permet de protéger les ressources sensibles en les plaçant dans des réseaux privés auxquels vous ne pouvez pas accéder directement depuis l'extérieur du cloud. La topologie dispose d'un seul point d'entrée connu que vous pouvez surveiller et auditer régulièrement. Ainsi, vous pouvez éviter d'exposer les composants les plus sensibles de la topologie sans compromettre leur accès.

L'hôte bastion de cette architecture est utilisé pour accéder aux noeuds du cluster OKE.

- Moteur de conteneur pour Kubernetes

Oracle Cloud Infrastructure Container Engine for Kubernetes est un service entièrement géré, évolutif et hautement disponible que vous pouvez utiliser pour déployer vos applications conteneurisées dans le cloud. Vous spécifiez les ressources de calcul dont vos applications ont besoin et Container Engine for Kubernetes les provisionne sur Oracle Cloud Infrastructure dans une location existante. Container Engine for Kubernetes utilise Kubernetes pour automatiser le déploiement, la mise à l'échelle et la gestion des applications conteneurisées entre les clusters d'hôtes.

- Service MySQL Database

Dans cette architecture de référence, Oracle MySQL Database Service stocke les données de l'application.

- Registry

Oracle Cloud Infrastructure Registry est un registre géré par Oracle qui vous permet de simplifier votre workflow de développement vers la production. Grâce à Registry, vous pouvez facilement stocker, partager et gérer des artefacts de développement tels que des images Docker. Grâce à l'architecture hautement disponible et évolutive d'Oracle Cloud Infrastructure, vous pouvez déployer et gérer vos applications de manière fiable.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient un ou plusieurs centres de données, appelés domaines de disponibilité. Les régions sont indépendantes des autres régions et de vastes distances peuvent les séparer (d'un pays à l'autre ou même d'un continent à l'autre).

- Domaine de disponibilité

Les domaines de disponibilité sont des centres de données autonomes et indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui permet de tolérer les pannes. Les domaines de disponibilité ne partagent pas d'infrastructure telle que l'alimentation ou le refroidissement, ni le réseau de domaine de disponibilité interne. Il est donc peu probable qu'un échec dans un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Domaine de pannes

Un domaine de pannes est un regroupement de matériel et d'infrastructure au sein d'un domaine de disponibilité. Chaque domaine de disponibilité comporte trois domaines de pannes dotés d'une alimentation et d'un matériel indépendants. Lorsque vous distribuez des ressources dans plusieurs domaines de pannes, vos applications peuvent tolérer les pannes de serveur physique, la maintenance du système et les pannes de courant dans un domaine de pannes.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisé et défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centres de données traditionnels, les VCN vous donnent un contrôle complet sur votre environnement de réseau. Un VCN peut comporter plusieurs blocs CIDR sans chevauchement que vous pouvez modifier après avoir créé VCN. Vous pouvez segmenter un VCN en sous-réseaux, qui peuvent être étendus à une région ou à un domaine de disponibilité. Chaque sous-réseau comprend une plage d'adresses contiguës qui ne chevauchent pas les autres sous-réseaux de VCN. Vous pouvez modifier la taille d'un sous-réseau après la création. Un sous-réseau peut être public ou privé.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic qui doivent être autorisés dans et hors du sous-réseau.

- Passerelle de routage dynamique (DRG)

DRG est un routeur virtuel qui fournit un chemin pour le trafic réseau privé entre VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Connexion VPN

VPN Connect fournit une connectivité VPN IPSec site à site entre votre réseau sur site et les VCN dans Oracle Cloud Infrastructure. La suite de protocoles IPSec crypte le trafic IP avant que les paquets ne soient transférés de la source vers la destination et décrypte le trafic à son arrivée.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevées et une expérience réseau plus fiable par rapport aux connexions basées sur Internet.

- Passerelle de service

La passerelle de service permet d'accéder à partir d'un VCN vers d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic entre VCN et le service Oracle parcourt le tissu réseau Oracle et ne traverse jamais Internet.

- Passerelle Internet

La passerelle Internet permet le trafic entre les sous-réseaux publics dans un VCN et Internet public.

Recommandations

- Bastion host

Utilisez la forme VM.Standard1.1 avec le dernier système d'exploitation Oracle Linux.

- Cluster OKE

Utilisez l'option Personnaliser la création à partir de la console afin que vous puissiez spécifier un sous-réseau et VCN pour déploiement. Créez un cluster à trois noeuds et choisissez VM.Standard2.2 comme forme à commencer par. Pour les déploiements plus importants, vous pouvez utiliser une taille de cluster plus grande avec une forme de calcul plus élevée.

- Registre des conteneurs

Oracle gère le registre, de sorte que vous n'avez pas à choisir la taille ou d'autres options. Nous recommandons de créer un registre privé pour les meilleures pratiques en matière de sécurité.

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher à des sous-réseaux dans VCN. Utilisez les blocs CIDR qui se trouvent dans l'espace d'adresse IP privé standard.

Sélectionnez des blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur site ou un autre fournisseur cloud) auquel vous avez l'intention de configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos besoins en matière de flux de trafic et de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

- Liste de sécurité

Utilisez les listes de sécurité pour définir les règles entrantes et sortantes qui s'appliquent à l'ensemble du sous-réseau.

Ajoutez des règles d'entrée pour les ports TCP 3306 (port MySQL) et 33060 (port MySQL X Protocol) à la liste de sécurité associée au sous-réseau Oracle MySQL Database Service. Ouvrez les ports pertinents pour les applications déployées sur le cluster OKE en ajoutant des règles entrantes à la liste de sécurité attachée au cluster OKE. En tant que règles d'évacuation des deux listes de sécurité pour autoriser le trafic sortant.

Remarques

Lorsque vous déployez des applications cloud natives avec le service de base de données Oracle MySQL, tenez compte du coût.

Sélectionnez la forme de machine virtuelle en fonction des coeurs, de la mémoire et de la bande passante réseau dont vous avez besoin pour votre service de base de données Oracle MySQL. Vous pouvez commencer par une forme à noyau unique. Si vous avez besoin de plus de performances, de mémoire ou de bande passante réseau pour le service de base de données, vous pouvez créer un serveur MySQL Database avec une forme plus grande et restaurer votre base de données à partir de la sauvegarde.

Vous pouvez également augmenter les noyaux des noeuds de machine virtuelle dans votre cluster OKE en les changeant en une forme de machine virtuelle plus grande.