En savoir plus sur la conception d'une zone de destination pour le déploiement d'Oracle E-Business Suite et de Cloud Manager

Dans cette solution, vous allez apprendre à déployer une zone de destination avec une nouvelle location qui répond également aux exigences spécifiques pour le déploiement d'une charge globale EBS. Pour ce faire, utilisez trois piles Oracle Cloud Infrastructure Resource Manager différentes :

- Oracle E-Business Suite : pile d'administrateurs de location pour les zones de destination (pile IAM)

- Oracle E-Business Suite : Pile d'administrateurs réseau pour les zones de destination (pile réseau)

- Oracle E-Business Suite : pile de déploiement Cloud Manager pour les zones de destination (pile CM)

Vous pouvez ensuite utiliser EBS Cloud Manager pour automatiser la migration, le déploiement et la gestion du cycle de vie de plusieurs environnements EBS dans cette zone de destination.

Avant de commencer

Vous pouvez également déployer l'architecture de référence suivante :

Architecture

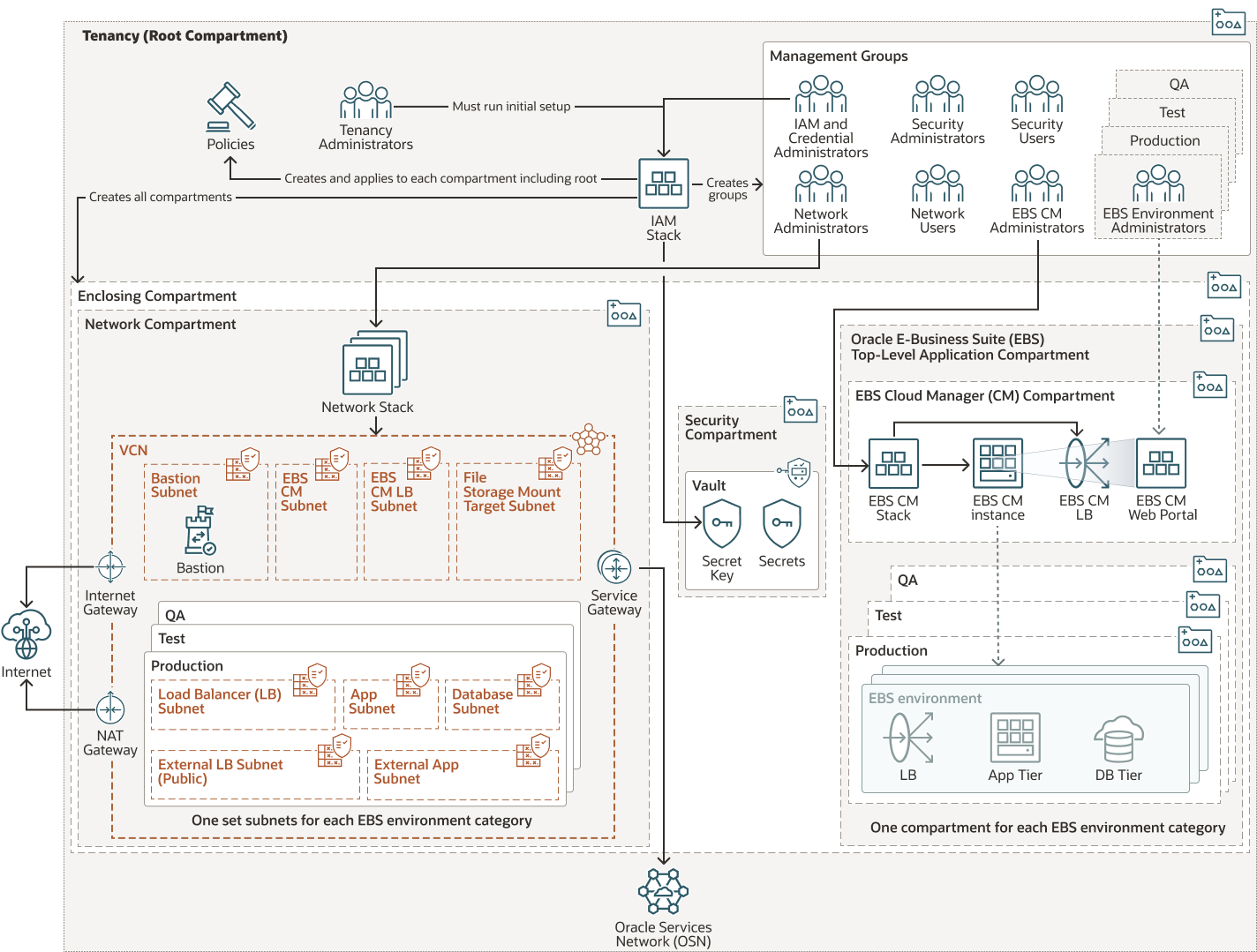

Le diagramme d'architecture suivant présente une configuration de zone de destination pour le déploiement d'Oracle E-Business Suite à l'aide d'EBS Cloud Manager à l'aide des piles IAM, Network et Cloud Manager fournies.

Description de l'illustration cis-landing-zone-ebs-arch.png

- Un membre du groupe d'administrateurs de location doit exécuter le déploiement initial de la pile d'administrateurs de location ou de la pile IAM. Après le déploiement initial de la pile IAM, l'administrateur de location doit créer des comptes pour chaque utilisateur et ajouter des administrateurs IAM à leurs groupes.

- Les administrateurs IAM peuvent ensuite ajouter le reste des utilisateurs à leurs groupes.

- Les groupes d'administrateurs disposent de droits d'accès en gestion pour les ressources qu'ils supervisent dans leur compartiment spécifique. Les administrateurs IAM peuvent gérer la pile IAM, y compris les compartiments, les groupes et les stratégies. Cette pile crée également le coffre et les ressources de clé nécessaires à la transmission sécurisée des informations de configuration entre les piles à l'aide de clés secrètes. Les administrateurs IAM ont besoin de droits d'accès sur les groupes d'administrateurs IAM, d'utilisateurs réseau et d'utilisateurs de sécurité.

Remarque :

Ils peuvent éventuellement faire partie du groupe Administrateurs des informations d'identification. - Les groupes d'utilisateurs fournissent un accès en lecture ou en utilisation limitée à ces ressources afin de pouvoir accéder aux ressources créées par le groupe d'administrateurs.

- Les groupes d'administrateurs disposent de droits d'accès en gestion pour les ressources qu'ils supervisent dans leur compartiment spécifique. Les administrateurs IAM peuvent gérer la pile IAM, y compris les compartiments, les groupes et les stratégies. Cette pile crée également le coffre et les ressources de clé nécessaires à la transmission sécurisée des informations de configuration entre les piles à l'aide de clés secrètes. Les administrateurs IAM ont besoin de droits d'accès sur les groupes d'administrateurs IAM, d'utilisateurs réseau et d'utilisateurs de sécurité.

- Les administrateurs réseau gèrent la pile réseau, y compris le VCN, les sous-réseaux et le service Bastion. Un ensemble de sous-réseaux est corrélé à chaque catégorie d'environnement EBS distincte. Cet ensemble nécessite des sous-réseaux dédiés pour les noeuds de niveau application internes et un noeud de niveau base de données. Il peut également contenir des sous-réseaux dédiés pour l'équilibreur de charge interne, l'équilibreur de charge externe et les noeuds de niveau application externe. Des sous-réseaux partagés supplémentaires peuvent être déployés une fois pour Bastion, l'application EBS Cloud Manager, l'équilibreur de charge et la cible de montage File Storage. Les administrateurs réseau doivent disposer des droits d'accès aux groupes Administrateur réseau et Utilisateur de sécurité.

- Un administrateur (IAM ou Cloud Manager) doit créer une application confidentielle pour EBS Cloud Manager. Ils ont besoin de droits d'accès sur le rôle Administrateur d'application IDCS ou Administrateur d'application de domaine d'identité OCI (ou doivent être un administrateur de location).

- Les administrateurs EBS Cloud Manager gèrent la pile Cloud Manager, y compris l'instance Cloud Manager et l'équilibreur de charge. Les administrateurs EBS Cloud Manager ont besoin de droits d'accès au groupe CM EBS, au groupe d'utilisateurs réseau, au groupe d'utilisateurs de sécurité et au groupe de charges globales EBS général ou à des groupes de catégories d'environnements EBS spécifiques.

- Les administrateurs de catégorie d'environnement EBS peuvent utiliser le portail Web Cloud Manager pour gérer les environnements EBS.

Cette architecture inclut les composants suivants :

- Oracle E-Business Suite Cloud Manager

Oracle E-Business Suite Cloud Manager est une application Web qui pilote les principaux flux d'automatisation pour Oracle E-Business Suite sur Oracle Cloud Infrastructure (OCI), y compris la migration d'environnements Linux à partir d'environnements sur site, le provisionnement de nouveaux environnements et l'exécution d'activités de gestion du cycle de vie.

- Clés secrètes

Oracle Cloud Infrastructure Vault permet de gérer de manière centralisée les clés de cryptage qui protègent vos données et les informations d'identification de clé secrète utilisées pour sécuriser l'accès à vos ressources dans le cloud. Vous pouvez utiliser le service Vault pour créer et gérer des coffres, des clés et des clés secrètes.

Les clés secrètes sont les informations d'identification telles que les mots de passe, les certificats, les clés SSH ou les jetons d'authentification que vous utilisez avec les services Oracle Cloud Infrastructure. Le stockage des clés secrètes dans un coffre permet plus de sécurité qu'un stockage dans d'autres endroits, par exemple dans des fichiers de configuration ou du code.

- Identity and Access Management (IAM)

Oracle Cloud Infrastructure Identity and Access Management (IAM) est le plan de contrôle d'accès pour Oracle Cloud Infrastructure (OCI) et Oracle Cloud Applications. L'API IAM et l'interface utilisateur vous permettent de gérer les domaines d'identité et les ressources au sein du domaine d'identité. Chaque domaine d'identité OCI IAM représente une solution autonome de gestion des identités et des accès ou une population d'utilisateurs différente.

- Réseau cloud virtuel (VCN) et sous-réseau

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centres de données traditionnels, les réseaux cloud virtuels vous permettent de contrôler entièrement votre environnement réseau. Un VCN peut avoir plusieurs blocs CIDR qui ne se chevauchent pas que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, qui peuvent être ciblés sur une région ou sur un domaine de disponibilité. Chaque sous-réseau se compose d'une plage contiguë d'adresses qui ne chevauchent pas les autres sous-réseaux du VCN. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Service Bastion

Oracle Cloud Infrastructure Bastion fournit un accès sécurisé limité et limité dans le temps aux ressources qui ne disposent pas d'adresses publiques et qui nécessitent des contrôles d'accès stricts aux ressources, tels que Bare Metal et les machines virtuelles, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) et toute autre ressource autorisant l'accès SSH (Secure Shell Protocol). Avec le service Oracle Cloud Infrastructure Bastion, vous pouvez activer l'accès aux hôtes privés sans déployer ni gérer d'hôte Jump. En outre, vous gagnez en sécurité grâce aux autorisations basées sur l'identité et à une session SSH centralisée, auditée et limitée dans le temps. Oracle Cloud Infrastructure Bastion élimine le besoin d'une adresse IP publique pour l'accès aux bastions, éliminant ainsi les tracas et la surface d'attaque potentielle lors de la fourniture d'un accès à distance.

Remarques concernant le déploiement d'une zone de destination pour E-Business Suite

Avant de déployer l'infrastructure, vous devez prendre plusieurs décisions concernant la configuration de vos environnements.

Ce livre de jeux de solution suppose que vous déploierez les trois piles Terraform. Ces piles peuvent être considérées comme Infrastructure-as-Code (IaC) ou collaborative IaC selon la façon dont vos équipes communiquent. Vous avez la possibilité de revenir à un modèle d'exploitation semi-automatisé où l'une de vos équipes n'utilise pas les piles Terraform. Vous pouvez également revenir à une approche entièrement manuelle après le déploiement initial de la pile.

Décisions générales

Vous devez prendre certaines décisions concernant l'infrastructure, le partage d'informations, les environnements et les conventions de dénomination.

| Zone | Considération | Options |

|---|---|---|

| Modèle de fonctionnement de gestion de l'infrastructure | Déterminez si vous êtes engagé à gérer et à gérer les piles Terraform ou si vous souhaitez utiliser Terraform comme script unique et gérer les ressources à l'aide de la console ou de CLI. Vous pouvez ainsi déterminer le niveau de compétence Terraform requis pour votre équipe et le code de pile spécifique que vous exécuterez.

|

|

| Partage d'informations | Décidez de la façon dont vous souhaitez transmettre les informations entre les piles. Oracle vous recommande d'utiliser des clés secrètes Oracle Cloud Infrastructure Vault. Vous pouvez également utiliser Hashic Vault pour les secrets. Vous pouvez également choisir de ne pas utiliser de clés secrètes et de transmettre des informations à l'aide de variables d'entrée ou de partager la sortie à l'aide de fichiers d'état. |

|

| Environnements E-Business Suite |

Vous créez plusieurs catégories d'environnements EBS isolés les uns des autres aux niveaux Identity et Network. L'isolement des identités implique la création d'un compartiment et de ressources IAM distincts, ce qui limite également l'accès dans l'interface utilisateur CM. L'isolement du réseau implique la création d'un ensemble distinct de sous-réseaux dans un VCN. |

|

| Région | La pile IAM contient des ressources qui ne peuvent être créées que dans la région d'origine. Par conséquent, l'automatisation des piles Network and Cloud Manager est limitée à la région d'origine. |

|

Convention de dénomination

Ces piles partagent une convention de dénomination, ce qui permet de s'assurer que les ressources possèdent les noms uniques requis dans la location et sont facilement identifiables par votre organisation. Par défaut, vous définissez ces noms dans la pile IAM et les clés secrètes propagent la convention de dénomination via les piles Network and Cloud Manager.

Remarque :

Si vous déployez les piles Network ou Cloud Manager de manière autonome, vous devez saisir manuellement la convention de dénomination.Voici la liste des préfixes et leur utilité :

lz_prefix : permet d'identifier la zone de destination que vous utilisez. Plusieurs charges de travail peuvent partager une zone de destination (compartiments réseau et de sécurité) ou utiliser différentes zones de destination en fonction de la structure interne de votre organisation.

ebs_workload_prefix : identifie une charge globale ou une application. Chaque charge globale dispose de son propre compartiment isolé.

ebs_workload_environment_category(ies) : identifie les catégories d'environnement EBS à utiliser ou à créer. La pile IAM vous permet de créer des ressources pour plusieurs catégories d'environnement EBS. Vous devrez déployer la pile réseau plusieurs fois, une fois pour chaque catégorie EBS.

Décisions de pile IAM

Prenez en compte les différents facteurs permettant de déterminer vos locations et vos domaines d'identité.

| Zone | Considération | Options |

|---|---|---|

| Locations |

Déterminez si vous avez besoin d'une nouvelle location ou si vous envisagez d'utiliser une location existante. Nouvelle location : vous devez configurer les systèmes d'identité et de gouvernance recommandés, y compris la création de comptes utilisateur et la configuration de personas au niveau de la location pour gérer IAM, les informations d'identification, les auditeurs, les annonces et les coûts. Location existante : Oracle recommande de configurer des ressources d'identité pour la mise en réseau, les applications EBS et la sécurité. Vous pouvez en créer de nouvelles avec la pile IAM ou réutiliser les ressources existantes si elles répondent à vos besoins et aux exigences EBS. |

Nouvelle location

|

| IDCS ou domaines d'identité | Vérifiez si les domaines d'identité sont activés dans votre location car la configuration est légèrement différente pour ces services. |

|

Décisions de la pile réseau

Vous devez prendre certaines décisions concernant les exigences en matière de réseau pour vos besoins professionnels.

| Zone | Considération | Options |

|---|---|---|

| Virtual Cloud Network (VCN) | Déterminez si vous avez besoin d'un VCN nouveau ou existant. | Nouveau VCN La pile Networking peut déployer un nouveau VCN pour vous. Si vous souhaitez appairer ce réseau à un autre VCN, cloud ou centre de données sur site, vous devez le faire en dehors de cette pile Terraform. VCN existantVous pouvez transmettre un VCN existant à l'aide de variables d'entrée. Cela créera les sous-réseaux requis, les listes de sécurité et les tables de routage dans votre VCN existant.

Remarque : Cette méthode suppose que les passerelles requises existent déjà dans le VCN. |

| Plusieurs catégories d'environnement E-Business Suite | Si vous créez plusieurs catégories d'environnement EBS, vous pouvez créer des réseaux isolés en déployant la pile réseau plusieurs fois. Lors des déploiements suivants, vous devez spécifier le VCN existant comme celui que vous avez créé ou utilisé dans le premier déploiement. Vous devez également déployer uniquement les sous-réseaux EBS requis. Vous n'avez pas besoin d'un autre ensemble de sous-réseaux Cloud Manager ou Bastion. | Pile initiale : option permettant de choisir un VCN existant ou nouveau :

Piles de catégorie d'environnement supplémentaires

Cette pile nécessite que les blocs CIDR de tous les sous-réseaux de stockage de fichiers et/ou de gestionnaire cloud créés dans la pile initiale soient correctement mis en réseau. |

| Accès réseau | Vos employés ont besoin d'un accès réseau à OCI via un appairage de réseau privé, un accès au bastion ou les deux. Vous pouvez configurer un sous-réseau Bastion si vos employés ont besoin d'un accès SSH distant en dehors de votre réseau privé ou si votre connexion privée tombe en panne.

Vous pouvez également appairer directement votre VCN OCI sur votre réseau privé pour autoriser l'accès |

Sous-réseau Bastion (Déployer une fois) :

|

| Sous-réseaux de Cloud Manager | Vous devez déployer un ensemble de sous-réseaux Cloud Manager pour utiliser l'application EBS Cloud Manager afin de gérer vos environnements EBS. Vous n'avez besoin de déployer cet ensemble de sous-réseaux CM qu'une seule fois. | Sous-réseaux Cloud Manager (Déployer une fois) :

|

| Sous-réseaux EBS | Suivez ces recommandations pour configurer les sous-réseaux EBS en fonction des besoins de votre environnement :

|

|

| Blocs CIDR |

Si vous choisissez de créer un nouveau VCN, vous devez spécifier une seule plage de blocs CIDR pour votre réseau. |

Pour chaque sous-réseau à déployer, vous devez indiquer une plage de blocs CIDR inutilisés comprise dans la plage de blocs CIDR des réseaux cloud virtuels. |

Décisions de pile Cloud Manager

Vous devez prendre certaines décisions concernant le déploiement de la pile Cloud Manager.

| Zone | Remarques | Options |

|---|---|---|

| DNS |

Examinez la façon dont vous utilisez actuellement DNS pour EBS. Vous devez mettre à jour vos entrées DNS pour qu'elles pointent vers les nouvelles adresses IP EBS. Suivez le processus existant de votre organisation pour mettre à jour les entrées DNS. En plus du DNS pour les environnements EBS, l'application Cloud Manager requiert elle-même une nouvelle entrée DNS, qui doit correspondre à la valeur |

|

| Certificats | Examinez la façon dont vous utilisez actuellement les certificats pour EBS. Vous devez créer des certificats à l'aide d'un service de certificats externe, puis les télécharger en tant que fichiers dans les piles. Vous devez suivre le processus existant de génération des certificats de votre organisation. En plus des certificats pour les environnements EBS, l'application Cloud Manager requiert elle-même un certificat. |

|

A propos des services et des rôles requis

Cette solution requiert les services et rôles suivants :

-

Oracle Cloud Infrastructure

-

Oracle Cloud Infrastructure Identity and Access Management

- Service réseau Oracle Cloud Infrastructure

- Service de sécurité Oracle Cloud Infrastructure

- Oracle E-Business Suite Cloud Manager

Les rôles suivants sont requis pour déployer les piles Terraform :

| Nom de service : rôle | Requis pour... |

|---|---|

| OCI : administrateur de location | Effectue le déploiement initial de la pile IAM.

Remarque : L'administrateur de location dispose des droits d'accès nécessaires pour déployer toutes les piles. Oracle recommande d'utiliser des rôles dédiés pour effectuer des déploiements individuels en fonction des besoins de votre organisation. |

|

IDCS : administrateur d'application ou Domaine d'identité OCI : administrateur d'application |

Inscrivez l'application confidentielle E-Business Suite Cloud Manager dans les domaines d'identité IDCS ou OCI. |

Les rôles suivants sont générés automatiquement par la pile IAM :

| Nom de service : rôle | Requis pour... |

|---|---|

| OCI : IAM-Administrators | Gérer la pile IAM, y compris les compartiments, les groupes et les stratégies |

| OCI : Administrateurs d'informations d'identification | Gérer les informations d'identification utilisateur. |

| OCI : <lz-prefix>-Administrateurs réseau | Gérer la pile réseau, y compris les réseaux cloud virtuels, les sous-réseaux, les règles de sécurité et les bastions. |

| OCI : <lz-prefix>-Network-Users | Autoriser d'autres équipes à utiliser les ressources réseau fournies. |

| OCI : <lz-prefix>-Security-Administrators | Surveillez le compartiment Security. |

| OCI : <lz-prefix>-Security-Users | Autoriser d'autres équipes à utiliser les ressources de sécurité fournies. |

| OCI : <lz-prefix>-<ebs-workload-prefix>-Administrators | Accéder à l'interface utilisateur d'EBS Cloud Manager pour provisionner des environnements et mener des activités de gestion du cycle de vie pour toutes les catégories d'environnement. Ces utilisateurs sont généralement appelés administrateurs de base de données EBS.

Remarque : Il doit s'agir d'utilisateurs IAM directs. |

| <lz-prefix>-<ebs-workload-prefix>-cm-Administrators |

Un membre d'un groupe d'administrateurs EBS Cloud Manager doit :

Remarque : Il doit s'agir d'utilisateurs IAM directs. |

| OCI : <lz-prefix>-<ebs-workload-prefix>-<ebs-workload-environment-category>-Administrators | Accéder à l'interface utilisateur d'EBS Cloud Manager pour provisionner des environnements et mener des activités de gestion du cycle de vie pour une catégorie d'environnement spécifique. Ces utilisateurs sont généralement appelés administrateurs de base de données EBS.

Remarque : Il doit s'agir d'utilisateurs IAM directs. |

| OCI : Général | Permet aux utilisateurs d'afficher l'accès aux différentes ressources IAM et principales. Elle permet également à l'utilisateur d'accéder aux balises Oracle. |

Pour obtenir tout ce dont vous avez besoin, reportez-vous à Produits, solutions et services Oracle.