En savoir plus sur le déploiement d'une topologie de récupération après sinistre multicloud à l'aide d'Oracle Database Service pour Azure

- Configuration manuelle de Data Guard entre deux bases de données OracleDB pour Azure.

- OCI Managed Data Guard avec une base de données OracleDB pour Azure et une base de données gérée par OCI.

Ce document fournit des détails pour configurer une configuration Data Guard manuelle entre deux bases de données OracleDB pour Azure dans différentes régions cloud. Pour obtenir un aperçu général de cette solution, reportez-vous à "Meilleures pratiques de récupération après sinistre ODSA : services de base de données Exadata et de base de données Base", accessible à partir de la rubrique "Explorer plus" à la fin du guide de référence.

Architecture

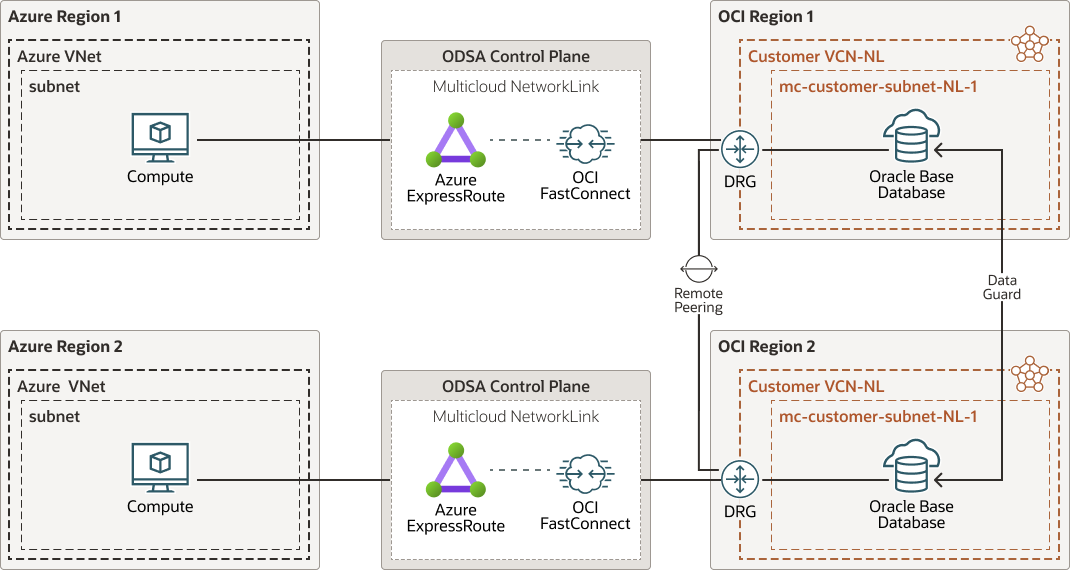

Cette architecture présente une configuration Data Guard dans plusieurs régions de OracleDB pour Azure. Les bases de données de secours de toutes les régions assurent la récupération après sinistre et une résilience accrue en cas de sinistre. Oracle Data Guard vous permet de restaurer rapidement votre charge globale vers la base de secours.

Le diagramme suivant présente la configuration Data Guard. La récupération après sinistre dans la configuration OracleDB pour Azure consiste en une base de données de production et une copie de récupération après sinistre dans OCI provisionnée à partir de OracleDB pour le portail Azure. La récupération après sinistre dans OracleDB pour Azure élimine les coûts et la complexité des fournisseurs tiers et Interconnect pour gérer le réseau dans Multicloud OracleDB pour Azure.

Ce document émule un scénario de récupération après sinistre dans l'environnement OracleDB pour Azure. Il peut être utilisé pour des démonstrations, des points de contact et des ateliers de conceptualisation de l'intégrité et de la sécurité des données en cas de catastrophe dans un environnement multicloud. Ce document ne remplace en aucun cas les livres blancs existants référencés dans la documentation, il ne s'appuie que sur eux.

Ce document se concentre sur la configuration d'une récupération après sinistre dans un environnement multicloud OracleDB pour Azure. Toutefois, les bases de données et la gestion des sinistres devront être configurées et gérées à partir de la ligne de commande à l'aide de l'outil de ligne de commande SQL*Plus ou DGMGRL jusqu'à ce que l'association Data Guard soit incorporée directement à partir de OracleDB pour le portail Azure.

Description de l'image odsa-dr-ref-arch.png

- Région

Une région Oracle Cloud Infrastructure ou une région Azure est une zone géographique précise qui contient un ou plusieurs centres de données, appelés domaines de disponibilité (dans OCI) ou zones de disponibilité (dans Azure). Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (à travers des pays voire des continents).

- Domaine de disponibilité (OCI) / Zone de disponibilité (Azure)

Les domaines de disponibilité sont des centres de données autonomes indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées de celles des autres, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent ni infrastructure (par exemple, alimentation, système de refroidissement), ni réseau de domaine de disponibilité interne. Ainsi, il est peu probable qu'une panne sur un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Réseau cloud virtuel (VCN) et sous-réseaux OCI

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux cloud virtuels vous donnent un contrôle total sur l'environnement réseau. Un réseau cloud virtuel peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après l'avoir créé. Vous pouvez segmenter un réseau cloud virtuel en plusieurs sous-réseaux ciblant une région ou un domaine de disponibilité. Chaque sous-réseau est composé d'une plage contiguë d'adresses qui ne chevauchent pas celles des autres sous-réseaux du réseau cloud virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Dynamic routing gateway (DRG)

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic de réseau privé entre un VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Oracle Database Service for Microsoft Azure

Oracle Database Service for Microsoft Azure (OracleDB for Azure) vous permet d'intégrer facilement Oracle Cloud Infrastructure Database à votre environnement cloud Azure. OracleDB pour Azure utilise une approche par service et constitue une alternative à la création manuelle de déploiements inter-cloud complexes pour vos piles d'applications.

- Oracle Database

L'architecture inclut deux bases de données Oracle provisionnées via OracleDB pour Azure.

L'une des bases de données distantes est convertie en base de données de secours dans la configuration Data Guard. La base de données de secours est une copie cohérente au point de vue transactionnel de la base de données principale. Oracle Data Guard met automatiquement à jour la synchronisation entre les bases de données en transmettant les données redo de la base de données principale à la base de données de secours et en les appliquant. En cas de sinistre dans la région principale, Oracle Data Guard bascule automatiquement vers la base de données de secours lorsque Fast-Start Failover est activé.

- Portefeuille de mots de passe

Le portefeuille Oracle fournit une méthode facile de gérer les informations d'identification de base de données des différents domaines. Il vous permet de mettre à jour les informations d'identification de base de données en mettant à jour le "wallet" au lieu d'avoir à modifier des définitions de source de données individuelles.

- OracleDB pour la liaison multicloud Azure

Une liaison multicloud est établie entre un compte OCI et un compte Azure pour déployer le service Oracle Database dans OCI et une application dans Azure. Pour effectuer des tâches élémentaires de gestion de base de données et d'infrastructure, utilisez le portail OracleDB pour Azure, qui est une interface OCI avec une expérience utilisateur de type Azure. Le portail Azure vous permet de consulter les mesures et les événements de base de données. Les mesures apparaissent dans Azure Application Insights et les événements dans Azure Log Analytics.

- OracleDB pour le lien réseau Azure

Une liaison réseau est créée à l'aide d'Oracle Interconnect for Microsoft Azure, une connexion de tunnel privée hautes performances, à faible latence et à faible gigue pour le trafic réseau entre OCI et Azure. Oracle s'est associé à Azure pour offrir cette connexion dans un ensemble spécifique de régions OCI du monde entier. Lorsque vous souscrivez à OracleDB pour Azure, le service configure la connexion privée à vos ressources de base de données dans le cadre du processus de liaison de comptes.

- Azure VNet

Azure Virtual Network (VNet) est le bloc de construction fondamental de votre réseau privé dans Azure. VNet permet à de nombreux types de ressources Azure, tels que les machines virtuelles Azure, de communiquer en toute sécurité entre eux, avec Internet et avec les réseaux sur site.

Remarques concernant le déploiement de la topologie

Avant de configurer la topologie de récupération après sinistre OracleDB pour Azure, rassemblez les informations dont vous aurez besoin pour configurer la base de données de secours. Pour configurer cette base de données, vous devez effectuer les opérations suivantes :

- Déterminez la taille et le bloc CIDR du réseau cloud virtuel (VCN) que vous souhaitez créer, ainsi que l'étiquette DNS du VCN pour le réseau principal et de secours dans OCI. Reportez-vous à Taille et plages d'adresses VCN autorisées.

- Déterminez la taille et le bloc CIDR du réseau virtuel (VNet) à créer, ainsi que le libellé DNS de VNet pour les bases de données principale et de secours dans Azure.

- Déterminez les formes de calcul à utiliser pour la machine virtuelle Azure et le système de base de données de machine virtuelle.

- Vérifiez que les limites de service de votre location peuvent prendre en charge toutes les ressources à créer.

- Déterminez les noms d'affichage du système de machine virtuelle de base de données des bases de données principale et de secours.

- Déterminez les noms uniques de base de données des bases de données principale et de secours.

- Assurez-vous que le nom des deux bases de données provisionnées dans OracleDB pour Azure est identique.

- Obtenez le mot de passe d'administration de votre base de données.

- Enregistrez le chemin d'accès à la clé SSH publique.

- Enregistrez le chemin d'accès à la clé SSH privée.

Présentation des rôles et des services

Voici les services et les rôles associés requis pour cette solution :

| Nom de service : rôle | Obligatoire pour |

|---|---|

Machine virtuelle Azure : azureuser

|

Connexion aux bases de données principale et de secours provisionnées via OracleDB pour Azure |

Oracle Database : root, opc, oracle

|

Configurez la base principale, instanciez et configurez la base de secours. |

Oracle Cloud Infrastructure : sysdba

|

Fermez, arrêtez et démontez la base de données de secours dans le cloud. |

Oracle Data Guard : SYS, SYSDG ou SYSDBA |

Exécutez l'interface de ligne de commande Oracle Data Guard (DGMGRL) pour convertir la base de données de secours en base de données de secours instantanée et changer les rôles de base de données principale et de base de données de secours. |

Respect des prérequis de déploiement

Avant d'essayer les étapes de ce guide, vous devez respecter les prérequis suivants.

Remarques :

Des liens vers les ressources répertoriées ci-dessous sont disponibles dans le sujet "Explorer plus", à la fin de ce guide.- Le scénario de ce guide étant spécifique à ODSA, vous devez vous inscrire au portail Oracle Database for Azure.

Pour obtenir des instructions, reportez-vous à "Inscription à Oracle Database Service for Azure".

- Créez Azure VNet et des machines virtuelles dans les régions 1 et 2, puis sécurisez la connectivité en autorisant/en mettant sur liste blanche les adresses IP/ports requis à partir de VNet. Pour plus d'informations, reportez-vous à la documentation Azure suivante :

- Documentation du réseau virtuel

- Machines virtuelles dans Azure

- Linux sur Azure

- Créez des systèmes de base de données dans Oracle Database Service pour Azure. Créez les deux bases de données avec le même nom et le même nom d'instance. Choisissez les mêmes version et édition de base de données pour les deux bases de données.

- Créez une base de données à partir d'Oracle Database Service for Azure dans la région 1 (par exemple, UK South), qui sera la base principale.

- Créez une base de données à partir d'Oracle Database Service pour Azure dans la région 2 (par exemple, Europe Ouest), qui sera la base de données de secours.

- Reportez-vous à la documentation pour connaître les étapes nécessaires à la création d'un système de base de données dans Oracle Database Service for Azure, en fonction de vos besoins. Pour plus d'informations, reportez-vous à "Provisionnement d'une base de données Base".

- Oracle DataGuard étant un composant essentiel de cette solution, vous devez avoir de l'expérience.