Étendre l'intégration Active Directory dans le Cloud hybride

Dans les environnements cloud hybrides et multiclouds orientés Microsoft Windows, où certaines applications dépendent de services d'annuaire, l'extension et l'intégration de Microsoft Active Directory (AD) à Oracle Cloud Infrastructure (OCI) sont importantes pour les performances et la sécurité.

AD est un service Microsoft souvent implémenté en tant que structure pour les environnements informatiques. AD stocke des informations sur les objets du réseau et facilite la recherche et l'utilisation de ces informations pour les administrateurs et les utilisateurs (tels que les comptes, les privilèges, les stratégies de sécurité et le DNS). AD utilise une banque de données structurée comme base pour une organisation logique et hiérarchique des informations d'annuaire.

Remarque :

Cette architecture de référence s'appuie sur les connaissances AD. Si AD est utilisé dans votre organisation, contactez l'administrateur système pour une implémentation correcte sur OCI.Architecture

Cette architecture de référence explique comment étendre l'intégration AD sur site à OCI dans un environnement cloud hybride.

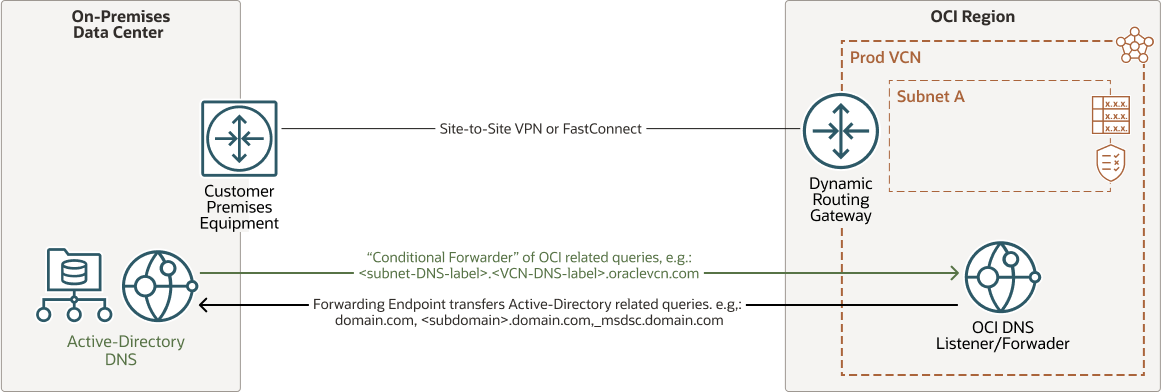

Intégration d'OCI et AD - DNS

AD s'appuie sur sa fonctionnalité DNS pour fournir des services au sein d'un domaine. L'intégration DNS est un élément essentiel de l'extension des environnements AD sur OCI. Pour que les nouveaux services et serveurs cloud exploitent de manière fiable certaines fonctionnalités AD, ils doivent d'abord être en mesure de résoudre les enregistrements DNS gérés par le domaine, voire, dans certains cas, joints à un domaine.

- Transfert DNS : processus par lequel un ensemble particulier de requêtes DNS est transmis à un serveur désigné pour résolution en fonction du nom de domaine DNS dans la requête plutôt que d'être traité par le serveur initial qui a été contacté par le client.

Ce processus améliore les performances et la résilience du réseau. Il permet de résoudre les requêtes de nom à l'intérieur et à l'extérieur du réseau en transmettant des espaces de noms ou des enregistrements de ressource qui ne sont pas contenus dans la zone d'un serveur DNS local à un serveur DNS distant pour résolution.

Lorsqu'un serveur DNS est configuré pour utiliser un transitaire, s'il ne peut pas résoudre une requête de nom à l'aide de sa zone principale locale, de sa zone secondaire ou de son cache, il transfère la demande au transitaire désigné.

- DNS OCI - Résolveur VCN : permet aux instances de résoudre les noms d'hôte DNS (que vous pouvez affecter) d'autres instances dans le même VCN.

- DNS OCI - Adresse : une adresse est une adresse IP affectée au résolveur VCN pour transmettre ou écouter (recevoir) des requêtes DNS. Une adresse de transmission permet de créer des règles pour transmettre les requêtes pertinentes devant être résolues par le DNS AD, tandis qu'un processus d'écoute accepte et résout les requêtes associées à OCI transmises à partir du DNS AD.

Il est recommandé de créer des règles de transfert pour tous les domaines AD, y compris les sous-domaines et les dossiers SRV tels que "

_msdsc". - Active Directory - Transmetteurs conditionnels DNS : ensemble de règles de transfert DNS contenues dans le serveur AD DNS. Pour l'intégration OCI, il est recommandé de créer des règles de transmission pour tous les domaines basés sur OCI, par exemple le nom DNS VCN, pour la résolution de noms privés via FastConnect/VPN.

Le diagramme suivant illustre cette architecture de référence.

intégrer-oci-msft-ad_dns_base-oracle.zip

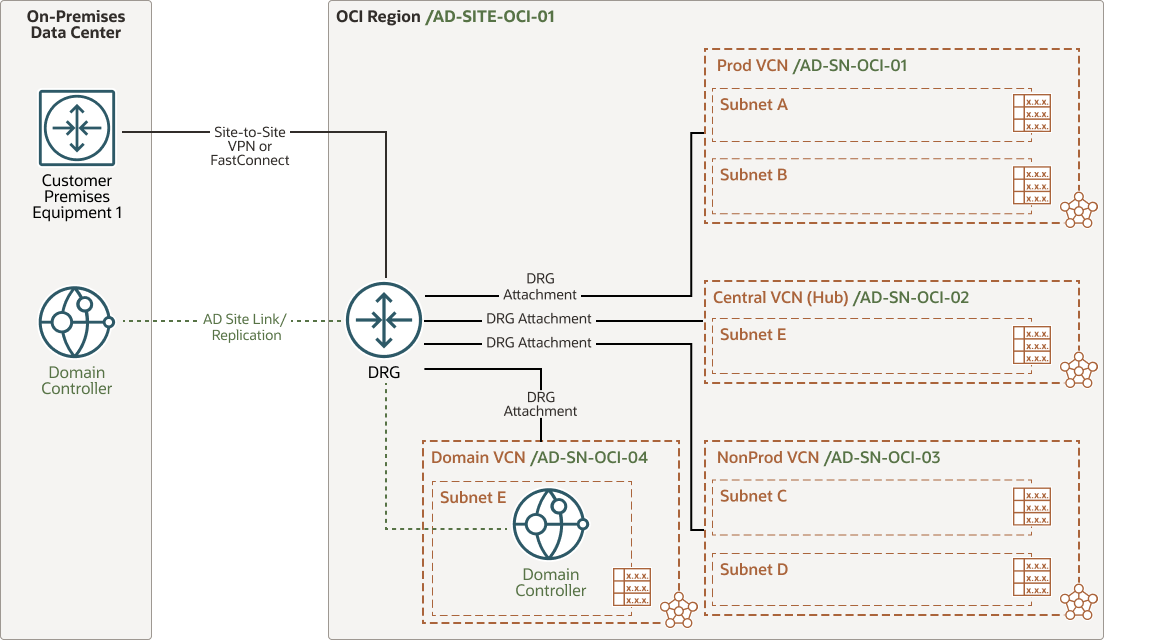

Intégration d'OCI et d'AD - Extension de domaine

AD utilise la topologie de site pour regrouper les ressources dans des emplacements. Une topologie de site de service d'annuaire est une représentation logique de votre réseau physique qui permet d'acheminer efficacement les requêtes client et le trafic de réplication AD. La conception d'une topologie de site pour AD Domain Services implique de planifier le placement du contrôleur de domaine et de concevoir des sites, des sous-réseaux, des liens de site et des ponts de lien de site afin de garantir un routage efficace des requêtes et une réplication du trafic.

La topologie de site affecte considérablement les performances de votre réseau et la capacité de vos utilisateurs à accéder aux ressources réseau. Les applications et les utilisateurs qui tirent parti des services AD ont besoin d'accéder à un contrôleur de domaine. Pour garantir un service cohérent, la plupart des entreprises placent des contrôleurs de domaine régionaux pour tous les domaines régionaux représentés à un emplacement donné.

Pour des performances et une fiabilité optimales, il est recommandé d'étendre AD pour inclure les emplacements OCI en créant une représentation de site appropriée pour les régions abonnées, une représentation de sous-réseau pour les réseaux cloud virtuels déployés et l'implémentation de contrôleurs de domaine basés sur OCI.

- Contrôleur de domaine : élément central du service Microsoft AD. Responsable de l'autorisation de l'accès réseau aux ressources de domaine. Il authentifie les utilisateurs, stocke les informations de compte utilisateur et d'hôte et applique les stratégies d'un domaine. Les contrôleurs de domaine peuvent être accessibles en écriture ou en lecture seule (RODC), mais au moins un contrôleur de domaine accessible en écriture est requis par déploiement.

- Site : objets AD qui représentent un ou plusieurs sous-réseaux TCP/IP avec des connexions réseau extrêmement fiables et rapides. Les informations du site permettent aux administrateurs de configurer l'accès AD et la réplication afin d'optimiser l'utilisation du réseau physique. Les objets de site sont associés à un ensemble de sous-réseaux, et chaque contrôleur de domaine d'une forêt est associé à un site AD en fonction de son adresse IP. Les sites peuvent héberger des contrôleurs de domaine provenant de plusieurs domaines et un domaine peut être représenté sur plusieurs sites.

- Liens de site : objets AD qui représentent les chemins logiques utilisés par le vérificateur de cohérence des connaissances (KCC) pour établir une connexion pour la réplication AD. Un objet de lien de site représente un ensemble de sites qui peuvent communiquer à un coût uniforme via un transport intersite spécifié.

- Sous-réseau AD : représentation logique d'un segment d'un réseau TCP/IP auquel un ensemble d'adresses IP est affecté. Les sous-réseaux regroupent les ordinateurs de manière à identifier leur proximité physique sur le réseau. Les objets sous-réseau dans AD identifient les adresses réseau utilisées pour mapper les ordinateurs aux sites.

- Schéma : ensemble de règles qui définit les classes d'objets et d'attributs contenus dans l'annuaire, les contraintes et les limites sur les instances de ces objets, ainsi que le format de leurs noms.

- Catalogue global : contient des informations sur chaque objet du répertoire. Cela permet aux utilisateurs et aux administrateurs de trouver des informations d'annuaire quel que soit le domaine de l'annuaire qui contient réellement les données.

Le diagramme suivant illustre cette architecture de référence.

intégrer-oci-msft-ad-arch-oracle.zip

L'architecture comprend les composants suivants :

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient des centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (elles peuvent se trouver dans des pays voire des continents différents).

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centres de données traditionnels, les réseaux cloud virtuels vous permettent de contrôler entièrement votre environnement réseau. Un VCN peut avoir plusieurs blocs CIDR qui ne se chevauchent pas que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, qui peuvent être ciblés sur une région ou sur un domaine de disponibilité. Chaque sous-réseau se compose d'une plage contiguë d'adresses qui ne chevauchent pas les autres sous-réseaux du VCN. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Dynamic routing gateway (DRG)

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic de réseau privé entre des réseaux cloud virtuels de la même région, entre un VCN et un réseau extérieur à la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau d'un autre fournisseur cloud.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevée et une expérience réseau plus fiable par rapport aux connexions Internet.

- VPN site à site

Le VPN site à site fournit une connectivité VPN IPSec entre votre réseau sur site et les réseaux cloud virtuels dans Oracle Cloud Infrastructure. La suite de protocoles IPSec permet de crypter le trafic IP avant le transfert des paquets de la source vers la destination, et de décrypter le trafic lorsqu'il arrive.

- Table de routage

Les tables de routage virtuelles contiennent des règles permettant d'acheminer le trafic de sous-réseaux vers des destinations situées en dehors d'un VCN, généralement via des passerelles.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui indiquent la source, la destination et le type de trafic à autoriser vers et depuis le sous-réseau.

Recommandations

- Contrôleurs de domaine

Envisagez de déployer deux contrôleurs de domaine ou plus pour la haute disponibilité. Si vous déployez plusieurs contrôleurs de domaine, envisagez le déploiement dans des domaines de disponibilité distincts.

- Sites

Si plusieurs contrôleurs de domaine sont déployés dans plusieurs domaines de disponibilité, il est possible de traiter chaque domaine de disponibilité comme son propre site AD tout en configurant des liens de site prioritaires pour la réplication et la disponibilité internes OCI.

- DNS

Une fois qu'au moins un contrôleur de domaine est déployé sur OCI, il est recommandé de modifier les règles de transfert DNS pour résoudre le problème par rapport au contrôleur de domaine OCI local.

Remarques

Lors de l'implémentation de cette architecture de référence, envisagez l'option suivante.

- DNS

Tous les domaines AD doivent être transférés, y compris les sous-domaines et les dossiers SRV tels que

_msdsc. Dans certains cas, d'autres domaines personnalisés peuvent exister (par exemple, si un domaine interne entre en collision avec un domaine public). Il est recommandé d'exporter la liste de toutes les règles et de faire correspondre celles sur OCI avec un réacheminement vers AD DNS.Le routage ainsi que le transfert DNS s'appliquent à l'ensemble du VCN et ne dépendent pas de l'association de domaine.