Chargement de données à l'aide d'Oracle Database Gateway Server exécuté dans une machine virtuelle Azure

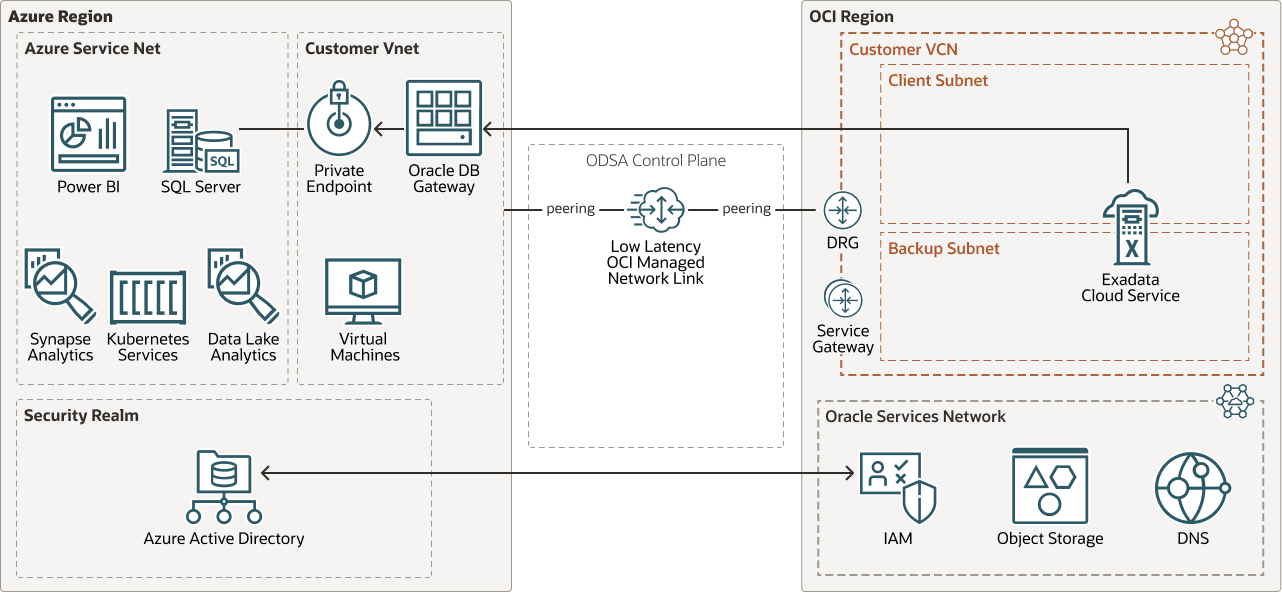

OracleDB pour Azure permet aux applications Azure de charger et d'interroger des données à partir de bases de données OCI. Cette architecture décrit comment un serveur Oracle Exadata Database Service on Dedicated Infrastructure peut exploiter l'infrastructure fournie par OracleDB for Azure pour charger des données à partir d'un serveur SQL Azure à l'aide d'un lien de base de données via le logiciel Oracle Database Gateway for SQL Server exécuté dans une machine virtuelle Azure.

Architecture

Cette architecture utilise Oracle Database Gateway for SQL Server exécuté sur une machine virtuelle Azure pour charger des données d'Azure SQL Server vers Oracle Exadata Database Service on Dedicated Infrastructure. Oracle Database Gateway for SQL Server se connecte à Azure SQL Server à l'aide du lien réseau à faible latence rapide à l'aide d'une adresse privée Azure.

Le diagramme suivant illustre cette architecture.

exadata-db-azure-odsa-azure-vm.zip

Prenez note des remarques suivantes concernant cette architecture :

- Le logiciel Oracle Database Gateway for SQL Server peut être exécuté sur une machine virtuelle Azure. Le nombre d'UC, la mémoire et la taille de disque doivent être affectés à la machine virtuelle Azure conformément aux exigences et aux instructions de dimensionnement d'Oracle Database Gateway for SQL Server. Pour plus d'informations, reportez-vous à la configuration système requise pour Oracle Database Gateway for SQL Server ci-dessous.

- Oracle Exadata Database Service on Dedicated Infrastructure doit résoudre le nom d'hôte et l'adresse IP de la machine virtuelle Azure exécutant Oracle Database Gateway. Modifiez le fichier

/etc/hostssur le serveur Oracle Database Gateway ou configurez une zone DNS privée sur le réseau cloud virtuel OCI (VCN) où Oracle Exadata Database Service on Dedicated Infrastructure est configuré. - Dans les bases de données Oracle Exadata Database Service on Dedicated Infrastructure, le paramètre

global_namesest défini surTRUEpar défaut. Par conséquent, le nom de base de données complet doit être utilisé lors de la création du lien de base de données vers Azure SQL Server.

Avant de commencer

Avant de commencer, vérifiez les versions des principaux composants logiciels utilisés dans cette configuration, téléchargez le package logiciel requis et consultez la documentation du produit pour plus de détails.

Vérifier la configuration logicielle

Ces instructions sont testées sur les versions logicielles et matérielles suivantes.

- Oracle Exadata Database Service on Dedicated Infrastructure X8M-2

- Oracle Database 19.16

- Azure SQL Server

Téléchargez le package logiciel suivant :

Consulter la documentation

-

"Provisionnement d'un système Oracle Exadata dans Oracle Database Service for Azure" dans la documentation Oracle Cloud Infrastructure

- Guide d'installation et de configuration d'Oracle Database Gateway

- Guide de l'utilisateur Oracle Database Gateway for SQL Server

- "Configuration système requise pour Oracle Database Gateway for SQL Server" dans le Guide d'installation et de configuration d'Oracle Database Gateway

A propos des services et des rôles requis

Cette solution requiert les services suivants :

- OracleDB pour Azure avec Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Cloud Infrastructure

- Machine virtuelle Azure

Il s'agit des rôles nécessaires pour chaque service.

| Nom de service : rôle | Obligatoire pour... |

|---|---|

Oracle Exadata Database Service on Dedicated Infrastructure : sys con |

Configurez le lien de base de données. |

Oracle Cloud Infrastructure : VCN Admin |

Ajoutez des règles de sécurité, modifiez DNS pour résoudre le problème en adresse Azure et machine virtuelle Azure. |

Machine virtuelle Azure : root |

Créez l'utilisateur oracle pour installer et configurer le logiciel Oracle Database Gateway. Modifiez le pare-feu local pour autoriser les connexions au port 1521. |

Reportez-vous à Découvrez comment obtenir les services Oracle Cloud pour les solutions Oracle afin d'obtenir les services cloud dont vous avez besoin.

Remarques concernant l'exécution d'Oracle Database Gateway dans une machine virtuelle Azure

L'exécution d'Oracle Database Gateway for SQL Server dans une machine virtuelle Azure est idéale pour les clients qui connaissent bien les services Azure, mais qui ne connaissent pas très bien les services OCI.

Avantages d'Oracle Database Gateway exécuté dans une machine virtuelle Azure

- Oracle Database Gateway for SQL Server est développé et pris en charge par Oracle.

- Aucun logiciel tiers supplémentaire n'est requis pour être installé sur Oracle Exadata Database Service on Dedicated Infrastructure, ce qui facilite la mise à jour et la maintenance de l'environnement.

- Oracle Database Gateway for SQL Server est exécuté sur une instance de calcul distincte d'Oracle Exadata Database Service on Dedicated Infrastructure, ce qui facilite la mise à jour et la maintenance des deux environnements. En outre, la solution peut être plus abordable car le logiciel Oracle Database Gateway s'exécute sur des OCPU Azure moins onéreuses au lieu d'être exécuté sur les OCPU Oracle Exadata Database Service on Dedicated Infrastructure plus spécialisées et à prix élevé.

- La communication entre le serveur Oracle Database Gateway et Azure SQL Server est cryptée (appliquée par la configuration par défaut d'Azure SQL Server).

- La conversion et le mappage des types de données entre Oracle Database et Azure SQL Server Database sont gérés automatiquement par le logiciel Oracle Database Gateway.

- La résolution de nom d'hôte pour Azure SQL Server est gérée automatiquement par Azure au niveau de la machine virtuelle Azure.

Inconvénients de l'exécution d'Oracle Database Gateway dans une machine virtuelle Azure

- Une licence supplémentaire peut être requise pour le logiciel Oracle Database Gateway.

- La communication entre Oracle Exadata Database Service on Dedicated Infrastructure et le serveur Oracle Database Gateway n'est pas cryptée par défaut lors de la configuration du serveur Oracle Database Gateway. Une configuration supplémentaire dans Oracle Database Gateway

sqlnet.oraest requise pour appliquer le cryptage d'Oracle Exadata Database Service on Dedicated Infrastructure au serveur Oracle Database Gateway.