Etablir une connectivité réseau privé multicloud via Oracle Integration Cloud

Lorsque vous devez intégrer des services ou des applications exécutés sur un réseau privé, tels qu'un VPC Amazon Web Services, un Vnet Azure, un VPC Google Cloud Computing ou un réseau privé sur site, avec des applications d'entreprise SaaS ou sur site, vous pouvez utiliser Oracle Integration Cloud Service (OIC) et un agent de connectivité pour établir une connectivité d'adresse privée.

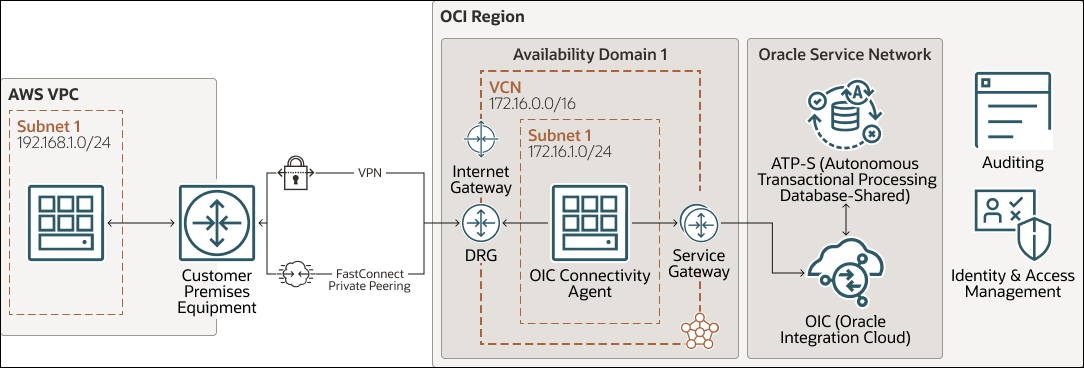

Cette architecture fournit la connectivité nécessaire entre les réseaux privés multicloud et les applications ou services cloud d'Oracle, sans pour autant diriger le trafic via le réseau Internet public dans le cadre de son intégration sortante d'Oracle Integration Cloud Service.

Architecture

Cette architecture de référence indique comment se connecter à un service ou à une application exécuté sur le cloud privé virtuel (VPC) d'un réseau privé AWS à partir de la base de données Oracle Autonomous Transactional Processing Database - Base de données partagée (ATP-S) d'OSN via Oracle Integration Cloud, sans nécessiter de routage du trafic via le réseau Internet public.

Ce scénario utilise en tant qu'agent de connectivité OIC pour communiquer avec l'application ou le service privé AWS. L'agent de connectivité OIC est installé sur une instance Oracle Cloud Infrastructure Compute sur un sous-réseau privé d'un VCN. L'agent communique avec l'intégration OIC via une passerelle de service d'un côté et avec le service ou l'application exécuté sur un réseau privé AWS de l'autre côté via une passerelle de routage dynamique (DRG) et un appairage privé ou un VPN FastConnect.

Le schéma suivant illustre cette architecture de référence.

Description de l'illustration multicloud-oic-arch.png ci-après

multicloud-oic-arch-oracle.zip

- Région

Une région Oracle Cloud Infrastructure est une zone géographique précise qui contient des centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (dans les pays ou même les continents).

- Compartiment

Les compartiments sont des partitions logiques inter-région au sein d'une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser vos ressources dans Oracle Cloud, contrôler l'accès aux ressources et définir des quotas d'utilisation. Pour contrôler l'accès aux ressources d'un compartiment donné, vous définissez des stratégies qui indiquent qui peut accéder aux ressources et quelles actions elles peuvent effectuer.

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données autonomes et indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées des ressources des autres domaines de disponibilité, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent pas d'infrastructure telle que l'alimentation ou le refroidissement, ni le réseau interne du domaine de disponibilité. Ainsi, il est peu probable qu'un échec dans un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Tout comme les réseaux de centres de données traditionnels, les réseaux cloud virtuels vous donnent un contrôle total sur votre environnement réseau. Un VCN peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après avoir créé le VCN. Vous pouvez segmenter un VCN en sous-réseaux, qui peuvent être ciblés vers une région ou vers un domaine de disponibilité. Chaque sous-réseau se compose d'une plage contiguë d'adresses qui ne chevauchent pas les autres sous-réseaux du VCN. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui spécifient la source, la destination et le type de trafic à autoriser à l'entrée et à la sortie du sous-réseau.

- passerelle de service

La passerelle de service permet d'accéder à partir d'un VCN vers d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic du VCN vers le service Oracle transite par la structure réseau Oracle et ne traverse jamais Internet.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevée et une expérience sur réseau plus fiable par rapport aux connexions Internet.

- Evaluation privée

Etend l'infrastructure existante en utilisant des adresses IP privées.

- Connexion VPN

Oracle Cloud Infrastructure VPN Connect est un VPN IPsec qui permet de créer une connexion cryptée entre Oracle Cloud et votre infrastructure informatique privée via le réseau Internet public.

- Dynamic Routing Gateway (DRG)

Routeur virtuel ajouté à votre VCN pour fournir un chemin d'accès au trafic du réseau privé entre votre VCN et un autre réseau cloud privé ou on-premise.

- Base de données autonome

Les bases de données autonomes Oracle Cloud Infrastructure sont des environnements de base de données entièrement gérés préconfigurés que vous pouvez utiliser pour les charges de travail de traitement des transactions et d'entreposage de données. Vous n'avez pas besoin de configurer ou de gérer du matériel, ni d'installer un logiciel. Oracle Cloud Infrastructure gère la création de la base de données, ainsi que la sauvegarde, l'application de patches, la mise à niveau et le réglage de la base de données.

- Autonomous Transaction Processing

Oracle Autonomous Transaction Processing est un service de base de données à pilotage, sécurité et réparation automatiques optimisé pour les charges de travail de traitement des transactions. Vous n'avez pas besoin de configurer ou de gérer du matériel, ni d'installer un logiciel. Oracle Cloud Infrastructure gère la création de la base de données, ainsi que la sauvegarde, l'application de patches, la mise à niveau et le réglage de la base de données.

- Oracle Integration Cloud (OIC)

Avec Oracle Integration Cloud, vous pouvez intégrer vos applications cloud et on-premise, automatiser les processus métier, obtenir des informations sur vos processus métier, développer des applications visuelles, utiliser un serveur de fichiers compatible SFTP pour stocker et extraire des fichiers, et échanger des documents commerciaux avec un partenaire commercial B2B, le tout en un seul et même endroit.

- Agent de connectivité OIC

A l'aide de l'agent de connectivité, vous pouvez créer des intégrations hybrides et échanger des messages entre les applications sur des réseaux privés ou sur site et dans Oracle Integration Cloud.

- Réseau principal

Réseau sécurisé dédié pour l'interconnexion des services Oracle IaaS et PaaS avec Oracle SaaS exécuté dans la même région ou dans n'importe quelle autre région OCI.

- Equipement sur site client (CPE)

Objet représentant la ressource réseau résidant dans le réseau sur site et établissant la connexion VPN. La plupart des pare-feu de bordure agissent comme le CPE, mais un dispositif distinct (comme un appareil ou un serveur) peut être un CPE.

- Cloud privé virtuel AWS (Amazon Web Services VPC)

Permet de lancer des ressources AWS dans un réseau virtuel que vous avez défini. Ce réseau virtuel ressemble étroitement à un réseau traditionnel que vous opérez dans votre propre centre de données, avec les avantages de l'utilisation de l'infrastructure évolutive d'AWS.

Recommandations

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez de joindre aux sous-réseaux du VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresses IP privées standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données on-premise ou un autre fournisseur cloud) sur lequel vous souhaitez configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de flux de trafic et de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

Utiliser des sous-réseaux régionaux.

- Limiter l'accès à une instance OIC

Limitez les réseaux ayant accès à votre instance Oracle Integration en configurant une liste d'autorisation (anciennement liste blanche). Seuls les utilisateurs des adresses IP spécifiques, des blocs CIDR (Classless Inter-Domain Routing) et des réseaux cloud virtuels que vous indiquez peuvent accéder à l'instance Oracle Integration.

- Connectivité

Lorsque vous déployez des ressources vers Oracle Cloud Infrastructure, vous pouvez commencer par une petite taille, avec une seule connexion à votre réseau sur site. Cette connexion unique peut s'effectuer via FastConnect ou un VPN IPSec. Pour prévoir la redondance, prenez en compte tous les composants (appareils matériels, installations, circuits et alimentation) entre votre réseau on-premise et Oracle Cloud Infrastructure. Considérons également la diversité, afin de s'assurer que les installations ne sont pas partagées entre les chemins.

- Utiliser l'agent de connectivité dans des environnements haute disponibilité

Vous pouvez utiliser l'agent de connectivité dans les environnements haute disponibilité avec Oracle Integration. Vous installez l'agent de connectivité deux fois sur différents hôtes. Les agents de connectivité peuvent évoluer horizontalement, offrant ainsi tous les avantages de l'exécution de plusieurs agents pour un groupe d'agents. Il en résulte des performances accrues et des avantages de basculement.

Remarques

Tenez compte des points suivants lors du déploiement de cette architecture de référence.

- Evolutivité

Lors de la création d'instances Oracle Integration, les administrateurs indiquent le nombre de packs de messages qu'ils prévoient d'utiliser par instance.

- Limites de ressources

Tenez compte des meilleures pratiques, des limites par service et des quotas de compartiment pour votre location.

- Sécurité

Utilisez les stratégies OCI Identity and Access Management (IAM) pour contrôler qui peut accéder à vos ressources cloud et quelles opérations peuvent être effectuées. Pour protéger les mots de passe de base de données ou toute autre clé secrète, envisagez d'utiliser le service OCI Vault.

- Performances et coûts

OCI propose des formes de calcul adaptées à un large éventail d'applications et de cas d'emploi. Choisissez avec soin les formes de vos instances de calcul. Sélectionnez les formes offrant des performances optimales pour votre charge au coût le plus bas. Si vous avez besoin de plus de performances, de mémoire ou de bande passante réseau, vous pouvez passer à une forme plus grande.

- Disponibilité

Envisagez d'utiliser une option de haute disponibilité en fonction de vos exigences de déploiement et de votre région. Vous pouvez choisir de répartir les ressources entre plusieurs domaines de disponibilité d'une même région et de répartir les ressources entre les domaines de pannes d'un même domaine de disponibilité.

Les domaines de pannes offrent la meilleure résilience pour les charges de travail déployées dans un seul et même domaine de disponibilité. Pour une haute disponibilité dans le niveau application, déployez les serveurs d'applications dans différents domaines de pannes et utilisez un équilibreur de charge afin de répartir le trafic client entre les serveurs d'applications.

- Surveillance et alertes

Configurez la surveillance et les alertes sur l'utilisation de l'UC et de la mémoire pour vos noeuds afin de pouvoir augmenter ou réduire la forme selon vos besoins.

Déployer

Vous pouvez déployer cette architecture de référence sur Oracle Cloud Infrastructure en procédant comme suit :

Voir plus

En savoir plus sur l'établissement de la connectivité de réseau privé multicloud via Oracle Integration Cloud.

Consultez les ressources supplémentaires suivantes :