Implémenter une solution de cybersécurité sur Oracle Cloud Infrastructure

La cybersécurité est devenue un sujet de plus en plus critique, car les attaques par malware et ransomware continuent de se produire dans le monde entier. Pour les bases de données stratégiques, de telles attaques entraînant une perte de données et des temps d'inactivité du système peuvent avoir des impacts très variés sur l'ensemble de l'entreprise en termes de revenus, d'opérations, de réputation et même de pénalités.

Vous pouvez implémenter une solution pour protéger vos applications Oracle hébergées sur Oracle Cloud Infrastructure (OCI) des cyberattaques en créant et stockant des sauvegardes immuables. En cas de cyberattaque, telle qu'une attaque par chiffrement par ransomware, les sauvegardes immuables peuvent être utilisées pour restaurer l'état précédent de l'application Oracle, ce qui permet de limiter au minimum les perturbations des opérations commerciales.

Architecture

Cette architecture de référence explique comment implémenter une solution de sauvegarde et de restauration automatisée déployée sur OCI.

L'application Oracle E-Business Suite (EBS) est utilisée comme exemple pour cette solution, mais vous pouvez facilement l'adopter pour d'autres applications Oracle.

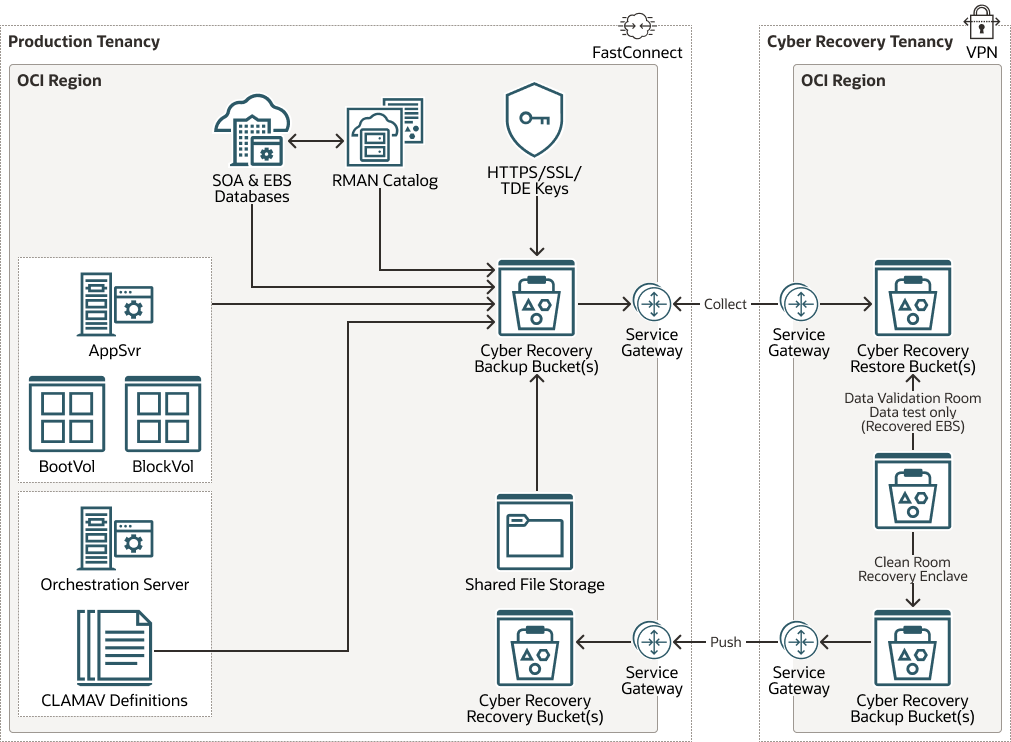

Le diagramme suivant illustre cette architecture de référence.

oci-cyber-recovery-arch-oracle.zip

- Pour déployer cette architecture de référence, créez une location OCI (nommée location de cybersécurité) pour stocker des copies immuables des sauvegardes.

- La location de cybersécurité fournira une plate-forme pour tester et récupérer en toute sécurité les systèmes en cas de cyberattaque.

- La location de cyberrécupération sera "régulée" du réseau de production, avec des connexions entrantes autorisées uniquement lors d'un appel de Cyber Recovery ou d'un test périodique.

- La location de cybersécurité OCI diffère en termes de gestion des accès, sans intégration à Active Directory. Toutes les données copiées dans la location de cybersécurité OCI seront lancées à partir de la location et copiées via le réseau de base OCI garantissant une sécurité complète.

- Sauvegardez toutes les entités de production (bases de données, serveurs, stockage de fichiers, etc.) sur un ensemble de buckets de stockage d'objets de récupération après sinistre dans la location de production, conformément à un planning de sauvegarde défini.

- Les stratégies de conservation et de cycle de vie des buckets Cyber Recovery Object Storage doivent être définies conformément à vos exigences (par exemple, un bucket de cycle quotidien avec sa propre stratégie de conservation).

- Les buckets de stockage d'objet de cybersécurité doivent disposer de droits d'accès définis, de sorte qu'ils puissent être lus par un script de synchronisation lancé à partir de la location de cybersécurité.

- Répétez les sauvegardes de production existantes avec des solutions de sauvegarde supplémentaires utilisées si nécessaire.

- Différentes techniques de stockage doivent être déployées dans la location de production, chacune avec une solution technique différente, mais en suivant la même séquence logique de création d'un ensemble de données de cybersécurité.

- Le script de synchronisation du compartiment CRS de la location de cybersécurité s'exécutera régulièrement (par exemple, toutes les 15 minutes pendant la fenêtre de sauvegarde).

- Appliquez la stratégie d'administration afin d'autoriser l'accès à la location de production.

- Copiez tous les nouveaux objets identifiés dans les buckets de stockage d'objet de cybersécurité de récupération de production vers des buckets de stockage d'objet de location de cybersécurité équivalents.

- Désactivez la stratégie d'administration afin d'empêcher l'accès à la location de production.

- Les données seront copiées dans la location de cybersécurité via le réseau de base OCI et l'accès entrant sera limité à l'accès à la console OCI.

- Une fois qu'un objet a été synchronisé avec la location de cybersécurité, son cycle de vie n'est plus lié à son équivalent de production. Par exemple, dans l'événement peu probable (par exemple, une incohérence dans les stratégies de cycle de vie), un objet de sauvegarde de production est supprimé. Cela n'entraînera PAS la suppression de l'objet de sauvegarde de la location de cybersécurité.

- Le bucket d'objet de cybersécurité est placé dans le compartiment CRS doté d'une stratégie de zone de sécurité afin d'empêcher toute modification non autorisée.

- Définissez des droits d'accès sur les buckets d'objet de location de cybersécurité de sorte qu'ils ne puissent être lus que par les utilisateurs autorisés de la location (les droits d'accès doivent être définis de sorte que seul le script de synchronisation puisse y écrire).

- Définissez des stratégies de conservation au sein des buckets d'objet de cybersécurité pour gérer le cycle de vie des objets à supprimer (par exemple, les objets seront supprimés après 15 jours) et l'archivage (par exemple, les objets d'archive datant de 10 jours).

- Lorsqu'un objet est créé dans le bucket d'objet Cyber Recovery, il est analysé à la recherche de virus et sa signature numérique/sha2 est vérifiée pour garantir que le fichier de sauvegarde n'est pas analysé. Envisagez d'effectuer la vérification sha2/de signature numérique sur les sauvegardes de base de données en fonction de la taille de sauvegarde et de l'objectif de point de récupération (RPO)/de délai de récupération (RTO) de la solution.

Remarque :

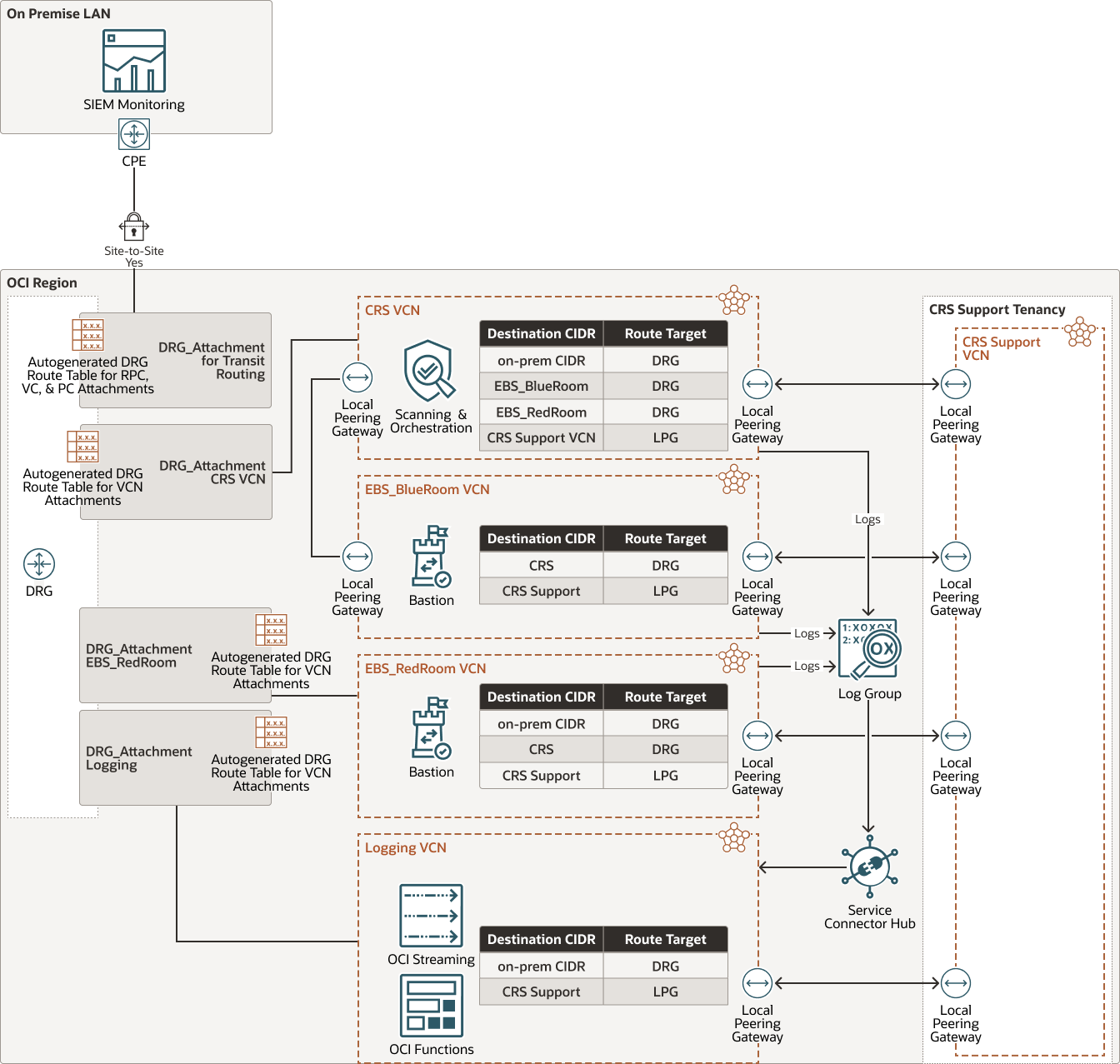

Vous pouvez automatiser la plupart du processus à l'aide de scripts Terraform, de livres de jeux Ansible, de scripts Shell et RMAN, décrits dans la section Déployer de cette architecture de référence.Le diagramme suivant illustre un exemple de topologie de déploiement pour la location de cybersécurité.

Description de l'illustration oci_cyber_recovery_deploy.png

oci-cyber-recovery-deploy-oracle.zip

Dans cet exemple, nous utilisons les mêmes plages d'adresses IP que le VCN d'application de production dans EBS_BlueRoom et EBS_RedRoom. Cette approche a été choisie pour permettre le test automatisé des sauvegardes avec un minimum de modifications requises pour restaurer l'application dans EBS_RedRoom. Ceci dicte la conception du réseau, où le VCN EBS_BlueRoom et le VCN EBS_RedRoom ne peuvent pas être connectés simultanément au DRG.

La séparation de la propriété de location peut être prise en compte avec :

- Une équipe dédiée soutenant la location de cybersécurité (qui n'a pas accès à la location de production).

et

- Une équipe de support de l'application de production qui n'a accès qu'aux compartiments rouges pendant l'exercice trimestriel de test de l'application. Cette équipe peut accéder au réseau CRS à partir du réseau sur site de l'entreprise.

L'architecture comprend les composants suivants :

- Location

Une location est une partition sécurisée et isolée qu'Oracle configure dans Oracle Cloud lorsque vous êtes inscrit à Oracle Cloud Infrastructure. Vous pouvez créer, organiser et administrer vos ressources dans Oracle Cloud dans votre location. Une location est synonyme d'entreprise ou d'organisation. Généralement, une entreprise dispose d'une location unique et reflète sa structure organisationnelle dans cette location. Une location unique est généralement associée à un seul abonnement et un seul abonnement ne comporte généralement qu'une seule location.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient des centres de données, appelés domaines de disponibilité. Les régions sont indépendantes des autres régions et de vastes distances peuvent les séparer (dans tous les pays ou même les continents).

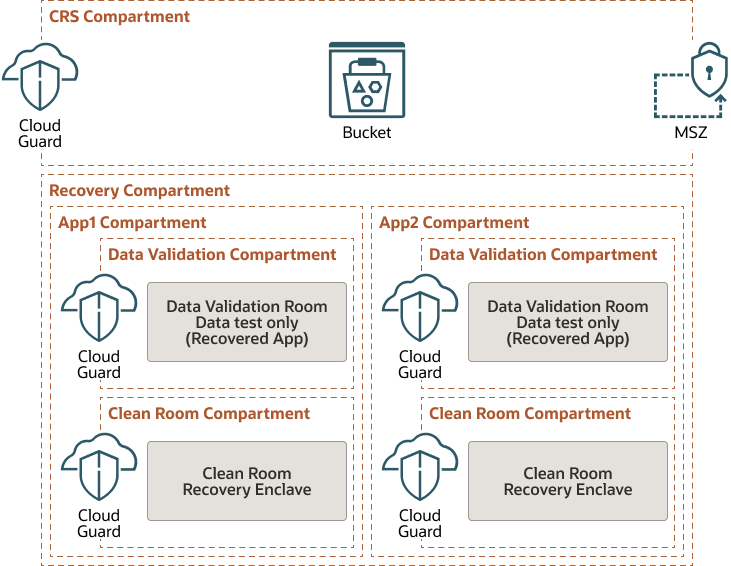

- Compartiment

Les compartiments sont des partitions logiques inter-région au sein d'une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser vos ressources dans Oracle Cloud, contrôler l'accès aux ressources et définir des quotas d'utilisation. Pour contrôler l'accès aux ressources d'un compartiment donné, vous définissez des stratégies qui indiquent qui peut accéder aux ressources et les actions réalisables.

Les utilisateurs (locaux et fédérés) sont ajoutés à des groupes, qui sont à leur tour attachés aux stratégies IAM régissant l'accès aux ressources OCI par compartiment.

Les compartiments permettent d'organiser et d'isoler les ressources d'une location Oracle Cloud Infrastructure. Ils joueront un rôle important dans la définition d'une base pour le déploiement de nouvelles charges globales dans la location. Bien qu'ils puissent sembler avoir la nature du regroupement logique des ressources OCI, ils servent de points d'application de stratégie, ils ont donc une importance primordiale pour la sécurité de la location.

Les compartiments peuvent être déployés en fonction d'une hiérarchie fonctionnelle, opérationnelle ou de projet. Cela permet de maintenir un isolement entre les ressources pour différents rôles, fonctions et hiérarchie organisationnelle. Une hiérarchie de compartiments peut comporter jusqu'à 6 niveaux, en fonction des exigences. Le contrôle d'accès est défini par des stratégies.

Chaque compartiment doit disposer de droits d'accès spécifiques affectés aux groupes associés. En règle générale, les utilisateurs ne pourront pas accorder leurs droits d'accès à d'autres compartiments. La hiérarchie de compartiment suivante sera utilisée dans la location de cybersécurité pour séparer les préoccupations des applications et des environnements.

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données autonomes indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées de celles des autres, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent ni infrastructure (par exemple, alimentation, système de refroidissement), ni réseau de domaine de disponibilité interne. Ainsi, il est peu probable qu'un problème survenant dans un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Domaine de pannes

Un domaine de pannes est un regroupement de matériel et d'infrastructures au sein d'un domaine de disponibilité. Chaque domaine de disponibilité dispose de trois domaines de pannes avec une alimentation et un matériel indépendants. Lorsque vous distribuez des ressources sur plusieurs domaines de pannes, vos applications peuvent tolérer les pannes de serveur physique, de maintenance du système et d'alimentation au sein d'un domaine de pannes.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux cloud virtuels vous donnent un contrôle total sur l'environnement réseau. Un réseau cloud virtuel peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après l'avoir créé. Vous pouvez segmenter un réseau cloud virtuel en plusieurs sous-réseaux ciblant une région ou un domaine de disponibilité. Chaque sous-réseau est composé d'une plage contiguë d'adresses qui ne chevauchent pas celles des autres sous-réseaux du réseau cloud virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Equilibreur de charge

Le service Oracle Cloud Infrastructure Load Balancing fournit une distribution automatisée du trafic d'un point d'entrée unique vers plusieurs serveurs du back-end.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui indiquent la source, la destination et le type de trafic qui doivent être autorisés vers et depuis le sous-réseau.

- Cloud Guard

Vous pouvez utiliser Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure. Cloud Guard utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources à la recherche de faiblesses en matière de sécurité et pour surveiller les opérateurs et les utilisateurs à la recherche d'activités à risque. Lorsqu'une erreur de configuration ou une activité non sécurisée est détectée, Cloud Guard recommande des actions correctives et aide à prendre ces actions, en fonction des recettes de répondeur que vous pouvez définir.

- Stockage d'objet

Object Storage offre un accès rapide à de grandes quantités de données structurées et non structurées de tout type de contenu, y compris des sauvegardes de base de données, des données analytiques et du contenu enrichi tel que des images et des vidéos. Vous pouvez stocker les données, puis les extraire directement à partir d'Internet ou de la plate-forme cloud, et ce, en toute sécurité. Vous pouvez adapter le stockage de manière transparente sans subir de dégradation des performances ni de la fiabilité du service. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archive pour un stockage "froid" que vous conservez pendant de longues périodes et que vous accédez rarement ou rarement.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre votre centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevée et une expérience réseau plus fiable par rapport aux connexions Internet.

- passerelle d'appairage local

Une passerelle d'appairage local vous permet d'appairer un VCN avec un autre VCN dans la même région. L'appairage signifie que les réseaux cloud virtuels communiquent à l'aide d'adresses IP privées, sans que le trafic ne traverse Internet ou ne soit acheminé via votre réseau sur site.

- Système de base de données Exadata

Oracle Exadata Database Service vous permet de bénéficier de la puissance d'Exadata dans le cloud. Vous pouvez provisionner des systèmes X8M flexibles qui vous permettent d'ajouter des serveurs de stockage et des serveurs de calcul de base de données aux systèmes en fonction de l'évolution de vos besoins. Les systèmes X8M offrent une mise en réseau RoCE (RDMA sur Ethernet convergé) pour une bande passante élevée et des modules de mémoire persistante à faible latence (PMEM) et un logiciel Exadata intelligent. Vous pouvez provisionner des systèmes X8M à l'aide d'une forme équivalente à un système X8 en quart de rack, puis ajouter des serveurs de base de données et de stockage à tout moment après le provisionnement.

Recommandations

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher aux sous-réseaux du VCN. Utilisez des blocs CIDR situés dans l'espace d'adresses IP privées standard.

Sélectionnez des blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur site ou un autre fournisseur cloud) sur lequel vous souhaitez configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de sécurité et de flux de trafic. Associez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, ce qui peut servir de limite de sécurité.

- Sécurité

Les systèmes EBS et SOA de production sont hébergés dans un compartiment OCI géré par le client, avec l'état de sécurité partagé par le client. L'objectif est de répliquer l'état de sécurité de l'environnement, y compris les listes de sécurité et la topologie réseau, dans la location de cybersécurité. La gestion des accès dans la location de cybersécurité diffère de la location de production, sans intégration IAM avec la solution Active Directory du client.

L'accès aux salles propres, bleu et rouge, sera restreint et toute entrée sera acheminée via des serveurs Bastion/Jump dédiés à ce rôle. Cet accès ne sera activé que pendant une fenêtre de test et sera supprimé une fois les tests terminés dans la salle rouge, tandis que la salle bleue sera accessible quotidiennement. L'accès à la salle bleue sera limité au partenaire de service géré de cybersécurité désigné, tandis que l'accès à la salle rouge sera limité au partenaire de service géré désigné et au personnel clé.

L'accès entrant via le tunnel IPsec/VPN vers la location de cybersécurité sera disponible quotidiennement pour Blue Room, alors que l'accès à Red Room sera complètement bloqué pendant le fonctionnement normal et ne sera ouvert qu'à des adresses IP prédéfinies lors d'un événement de test Red Room.

L'accès sortant via le tunnel IPsec/VPN de la location de cybersécurité sera complètement bloqué. L'accès de la location de cybersécurité à la location de production ne sera en place que lors de la synchronisation des fichiers de sauvegarde et, en dehors de ces périodes, cet accès sera empêché par la suppression de la stratégie. Il n'y aura pas d'accès Internet entrant ou sortant à la location de cybersécurité.

- Cloud Guard

Cloner et personnaliser les recettes par défaut fournies par Oracle pour créer des recettes de détecteur et de répondeur personnalisées. Ces recettes vous permettent d'indiquer quel type de violation de sécurité génère un avertissement et quelles actions sont autorisées pour ces violations. Par exemple, vous pouvez détecter les buckets Object Storage dont la visibilité est définie sur Public.

Appliquez Cloud Guard au niveau de la location pour couvrir la portée la plus large et réduire la charge administrative liée à la maintenance de plusieurs configurations.

Vous pouvez également utiliser la fonctionnalité Liste gérée pour appliquer certaines configurations aux détecteurs.

- Groupes de sécurité réseau

Vous pouvez utiliser des groupes de sécurité réseau pour définir un ensemble de règles entrantes et sortantes qui s'appliquent à des cartes d'interface réseau virtuelles spécifiques. Nous vous recommandons d'utiliser des groupes de sécurité réseau plutôt que des listes de sécurité, car les groupes de sécurité réseau vous permettent de séparer l'architecture de sous-réseau du VCN des exigences de sécurité de votre application.

- bande passante d'équilibreur de charge

Lors de la création de l'équilibreur de charge, vous pouvez sélectionner une forme prédéfinie qui fournit une bande passante fixe ou indiquer une forme personnalisée (flexible) dans laquelle vous définissez une plage de bande passante et laisser le service redimensionner automatiquement la bande passante en fonction des modèles de trafic. Avec l'une ou l'autre approche, vous pouvez modifier la forme à tout moment après avoir créé l'équilibreur de charge.

Considérations

Tenez compte des points suivants lors du déploiement de cette architecture de référence.

- Performances

Transfert de stockage d'objets : les bases de données de production et les sauvegardes de calcul peuvent avoir une taille significative. Testez la durée nécessaire au transfert d'une sauvegarde quotidienne entre les locations. Envisagez de déployer la location CRS dans la même région OCI que la location de production pour obtenir de meilleures performances de transfert de données.

Analyse antivirus et de signature dans la location CRS : dans le cadre du processus CRS, il est possible d'inclure l'analyse antivirus et de signature des fichiers de sauvegarde. Des ressources suffisantes doivent être fournies sur le serveur d'orchestration pour effectuer les analyses en temps opportun.

- Sécurité

Configurez Oracle Cloud Guard / Maximum Security Zones pour surveiller si les stratégies de stockage d'objets sont en place et si elles correspondent à l'état de cybersécurité pour garantir que toute tentative de modification est empêchée.

Des mesures de sécurité supplémentaires doivent être mises en œuvre pour protéger l'environnement cloud et la solution de sauvegarde contre les attaques potentielles.

- Disponibilité

Cette solution peut être déployée dans n'importe quelle région OCI. La haute disponibilité peut être obtenue en déployant des serveurs Bastion et d'orchestration redondants.

- Coût

Tenez compte des éléments suivants lors de l'estimation du coût :

- Object Storage : la solution suppose le stockage des sauvegardes quotidiennes de base de données et de volume de blocs de l'environnement de production pendant plusieurs jours.

- Coût de calcul : le test des sauvegardes nécessite le démarrage des ressources de calcul et de base de données.

- Coût de la licence logicielle : si le test d'application est inclus, la licence logicielle appropriée doit être obtenue pour les services d'application qui seront démarrés pendant le test.

Activer

Vous pouvez déployer cette architecture de référence en téléchargeant le code à partir de GitHub et en le personnalisant selon vos besoins spécifiques.

- Configurez la zone de destination OCI CIS. Pour plus d'informations, reportez-vous au lien Déployer une zone de destination sécurisée qui répond au test de référence CIS Foundations pour Oracle Cloud dans la section Découvrir plus.

- Provisionnez deux machines virtuelles en tant que serveur d'orchestration dans la location de production et la location de cybersécurité pour exécuter les scripts.

- Accédez à GitHub.

- Clonez le script de production (scripts Ansible) du référentiel vers le serveur d'orchestration de production.

- Clonez le script de cybersécurité (scripts Ansible, Terraform et Shell) du référentiel vers le serveur d'orchestration de la location de cybersécurité.

- Suivez les instructions du document

READMEpour exécuter le script de sauvegarde (location de production), la synchronisation et la restauration (location de récupération temporaire).