Déployer des applications virtuelles avec GO-Global sur Oracle Cloud Infrastructure

GO-Global est un logiciel de virtualisation d'applications développé par GraphOn qui est capable de rendre rapidement les applications existantes disponibles directement dans le navigateur ou via le client GO-Global.

GO-Global vous permet de publier des applications Windows sur Oracle Cloud Infrastructure (OCI) et d'exploiter pleinement les services OCI. GO-Global offre des sessions hautes performances, même sur des connexions à faible vitesse avec une bande passante aussi faible que 16 Kbps. La sécurité est assurée par des connexions chiffrées via SSL 256 bits.

Un point clé qui mérite d'être évalué est le fait que l'application n'a pas besoin d'utiliser la fonctionnalité RDS. Selon GraphOn, son logiciel GO-Global permet à plusieurs utilisateurs d'accéder à distance aux applications Microsoft Windows sans dépendre de Microsoft Remote Desktop Services ou de la fonctionnalité de noyau multi-sessions intégrée de Windows. Contrairement à d'autres produits qui ajoutent des fonctionnalités à RDS, GO-Global remplace entièrement la fonctionnalité multi-sessions de Microsoft et ses clients Remote Desktop, le pilote d'affichage, le protocole, la passerelle Internet et les outils de gestion. L'architecture unique de GO-Global élimine la nécessité d'installer des composants RDS sur des bureaux ou des serveurs Windows.

GO-Global est une solution complète pour fournir des applications virtuelles et y accéder à distance sur les bureaux et les serveurs Windows. Il utilise exclusivement la technologie GraphOn, sans dépendre des fonctionnalités ou de l'architecture d'autres fournisseurs.

Architecture

Cette architecture de référence décrit un aperçu général de la façon dont vous pouvez tirer parti des services GO-Global et OCI pour déployer une application Windows dans le cloud, améliorant ainsi la disponibilité, les performances et la sécurité des applications.

Accès aux applications à partir de plusieurs plates-formes

GO-Global publie des applications sur des serveurs Windows installés sur site ou dans le cloud. Les utilisateurs peuvent accéder de manière transparente aux applications publiées par GO-Global à partir d'appareils Windows, Mac et Linux, ou de tout appareil doté d'un processeur ARM exécutant Android 9.0 et versions ultérieures. L'accès utilisateur se fait via un client installé sur l'appareil ou un navigateur, y compris Explorer, Firefox, Safari, Chrome ou Edge. L'accès au navigateur Web ne nécessite pas l'installation d'un client HTML5.

Pour les appareils mobiles, GO-Global propose son éditeur de barre d'outils d'application mobile, qui permet de définir les boutons de barre d'outils et les menus affichés lorsqu'une application est accessible à partir d'un appareil mobile.

Publier des applications Windows sans RDS

GO-Global est le seul outil de publication d'applications Windows qui ne nécessite pas Microsoft Remote Desktop Services (RDS) ou Remote Desktop Protocol (RDP) pour publier des applications. GO-Global remplace entièrement la fonctionnalité RDS, y compris le noyau multi-sessions, les clients Remote Desktop, le pilote d'affichage, le protocole, la passerelle Internet et les outils de gestion, éliminant ainsi les coûts de licence Windows et utilisateur.

Nous envisageons le cas d'utilisation où nous publions des applications Windows propriétaires à partir d'OCI et les mettons à la disposition de tous les utilisateurs. La première étape consiste à créer notre infrastructure en tant que service (IaaS) dans OCI.

Suivant l'architecture guidée par GraphOn, nous aurons besoin des éléments suivants :

- Serveurs de relais (également appelés passerelles) : les serveurs de relais servent à équilibrer la charge des utilisateurs entrants. De cette façon, avec au moins 2 serveurs, vous pouvez avoir une haute disponibilité et la distribution des utilisateurs sur les machines de l'application. Cela garantit que les utilisateurs n'ont pas à attendre longtemps dans une file d'attente.

- Hôte de licence : alternative simple et haute disponibilité, qui élimine les codes de licence nécessitant des serveurs spécifiques et la nécessité d'utiliser, d'héberger ou de mettre à niveau la licence. Les administrateurs peuvent exécuter l'assistant d'activation sur un hôte, se connecter à leur compte GraphOn et sélectionner la licence que l'ordinateur doit utiliser.

Dans le tableau ci-dessous, vous pouvez voir une consommation estimée de mémoire RAM sur le serveur GO-Global :

| Processus de service | Exécutable | Mémoire allouée (Mo) |

|---|---|---|

| Service de publication d'applications (une instance par serveur) | Aps.exe | 15 |

| Service de licence (une instance par serveur) | Lmgrd.exe | 2 |

| Interface de licence (une instance par serveur) | blm.exe | 2 |

| Fenêtre de programme (une instance par serveur) | pw.exe | 3 |

| Authentification graphique de connexion (une instance par serveur) | logon.exe | 2 |

| Presse-papiers distant (une instance par serveur) | remoteClipboard.exe | 2 |

| Mettre à jour le service client (une instance par serveur) | uc.exe | 2 |

| Microsoft Word (15 utilisateurs) | Winword.exe | 25 |

- Mémoire totale consommée par les services GO-Global (Aps.exe, Lmgrd.exe, uc.exe) : 19 Mo (serveur)

- Mémoire totale consommée (processus par session) : 34 Mo * 15 utilisateurs = 510 Mo (utilisateurs) + 19 Mo (serveur) = 529 Mo

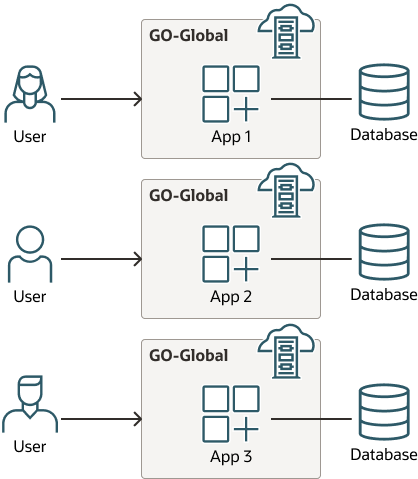

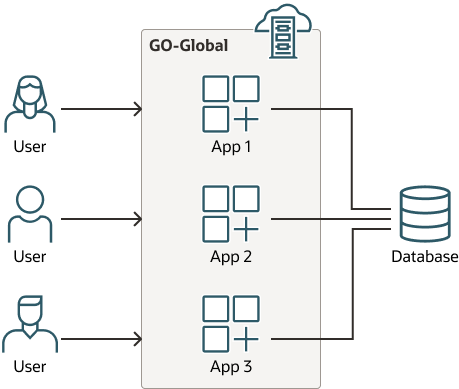

Les serveurs d'applications GO-Global peuvent être conçus en tant que locataire unique ou colocatif, comme indiqué dans les diagrammes suivants.

Environnement à locataire unique GO-Global

go-global-single-tenant-oracle.zip

Environnement colocatif GO-Global

go-global-multi-tenant-oracle.zip

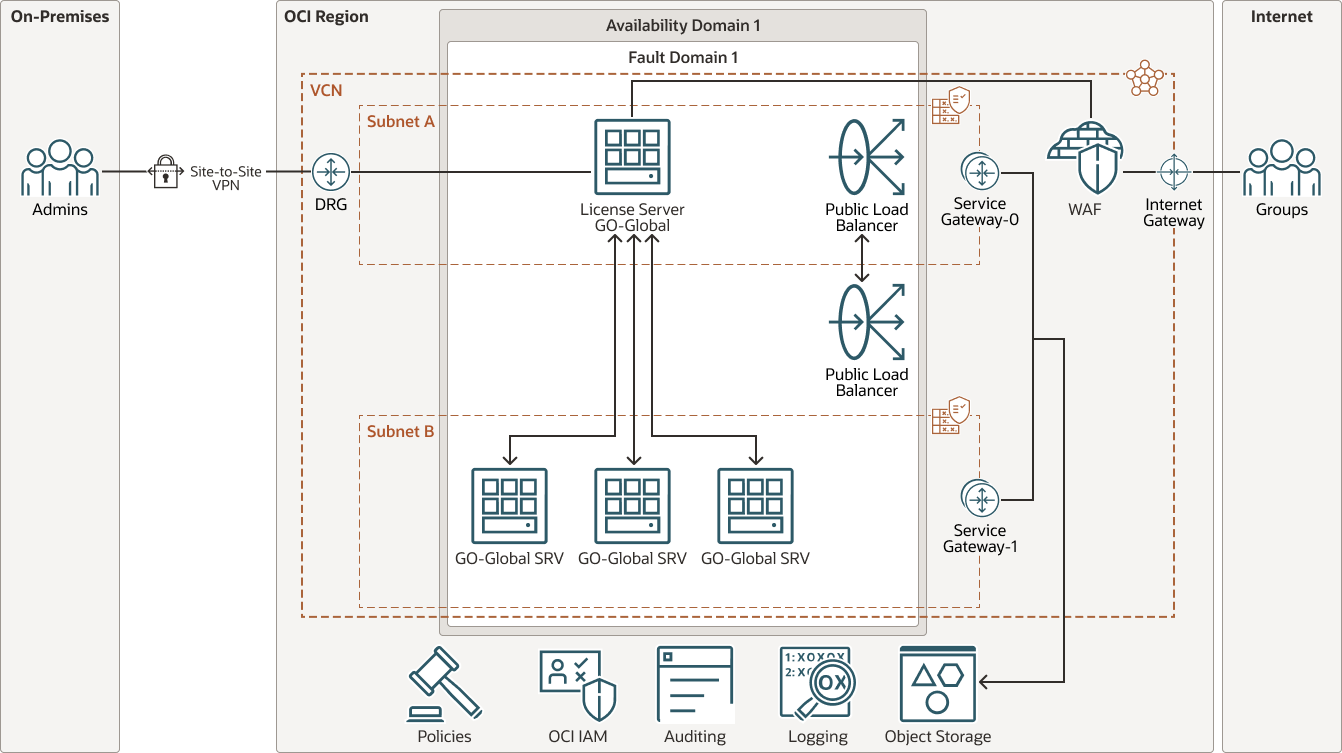

Pour ce cas d'emploi, nous utilisons un environnement colocatif pour une seule application Windows. Le schéma suivant illustre cette architecture de référence.

oci-go-global-virtual-app-oracle.zip

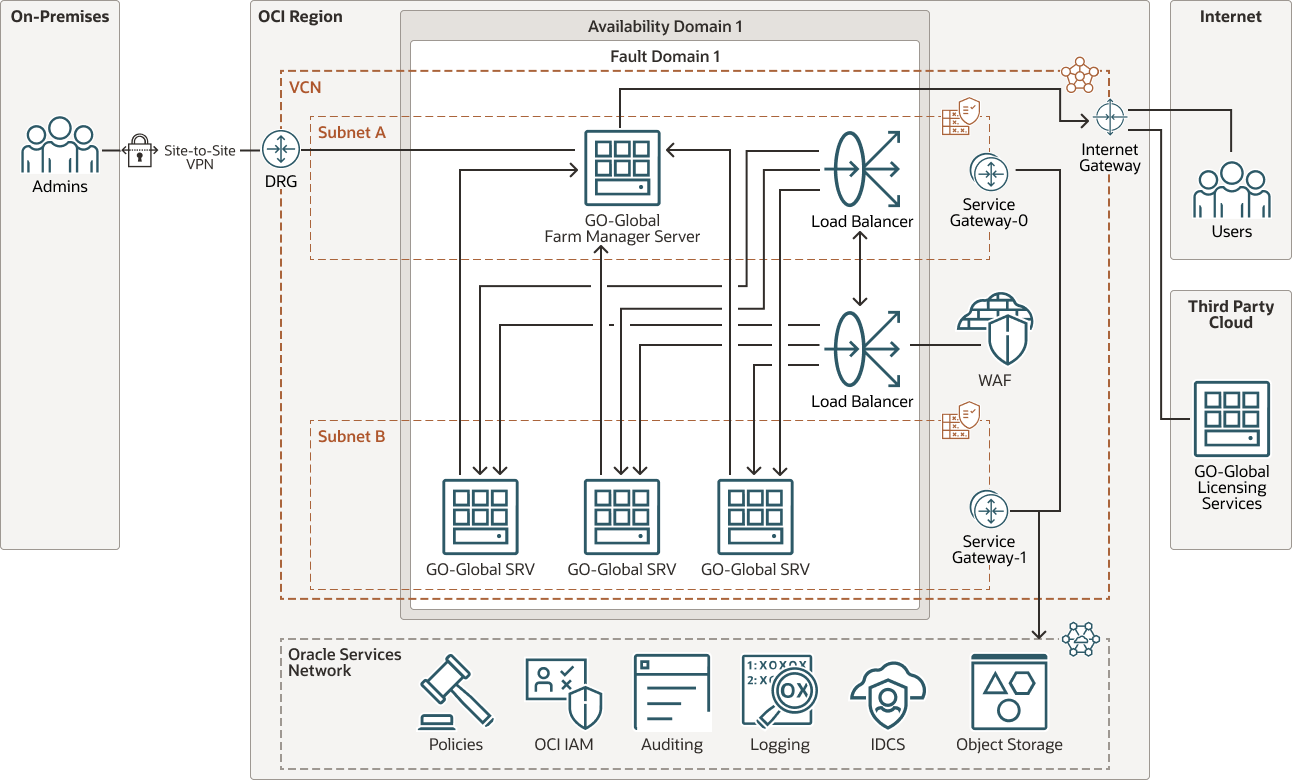

Le diagramme suivant illustre un exemple d'architecture GO-Global sur OCI à l'aide de GO-Global Cloud Licensing Service.

oci-go-global-virtual-app-licensing-oracle.zip

L'architecture comprend les composants suivants :

- Tenancy

Une location est une partition sécurisée et isolée configurée par Oracle dans Oracle Cloud lors de votre inscription à Oracle Cloud Infrastructure. Vous pouvez créer, organiser et administrer vos ressources dans Oracle Cloud au sein de votre location. Une location est synonyme d'entreprise ou d'organisation. En général, une entreprise dispose d'une seule location et reflète sa structure organisationnelle au sein de cette location. Une location unique est généralement associée à un seul abonnement, et un seul abonnement n'a généralement qu'une seule location.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique précise, incluant un ou plusieurs centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (entre pays, voire continents).

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données autonomes indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées de celles des autres, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent ni infrastructure (par exemple, alimentation, système de refroidissement), ni réseau de domaine de disponibilité interne. Par conséquent, une panne sur un domaine de disponibilité ne doit pas affecter les autres domaines de disponibilité de la région.

- Domaines de pannes

Un domaine de pannes est un regroupement de matériel et d'infrastructures au sein d'un domaine de disponibilité. Chaque domaine de disponibilité comporte trois domaines de pannes avec du matériel et une alimentation indépendants. Lorsque vous répartissez les ressources entre plusieurs domaines de pannes, vos applications peuvent tolérer les pannes physiques du serveur, la maintenance du système et les pannes d'alimentation au sein d'un domaine de pannes.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux cloud virtuels vous donnent le contrôle sur l'environnement réseau. Un réseau cloud virtuel peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après l'avoir créé. Vous pouvez segmenter un réseau cloud virtuel en plusieurs sous-réseaux ciblant une région ou un domaine de disponibilité. Chaque sous-réseau est composé d'une plage contiguë d'adresses qui ne chevauchent pas celles des autres sous-réseaux du réseau cloud virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Equilibreur de charge

Le service Oracle Cloud Infrastructure Load Balancing fournit une répartition de trafic automatique à partir d'un seul point d'entrée vers plusieurs serveurs dans le back-end.

- Liste de sécurité

Pour chaque sous-réseau, vous pouvez créer des règles de sécurité qui indiquent la source, la destination et le type de trafic qui doivent être autorisés à entrer et à sortir du sous-réseau.

- Passerelle de service

La passerelle de service fournit un accès à partir d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic entre le VCN et le service Oracle passe par la structure du réseau Oracle et ne traverse pas Internet.

- Object Storage

Oracle Cloud Infrastructure Object Storage fournit un accès rapide à de grandes quantités de données, structurées ou non, de tout type de contenu, y compris des sauvegardes de base de données, des données analytiques et du contenu enrichi tel que des images et des vidéos. Vous pouvez stocker les données, puis les extraire directement à partir d'Internet ou de la plate-forme cloud, et ce, en toute sécurité. Vous pouvez redimensionner le stockage sans dégradation des performances ni de la fiabilité des services. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archive pour le stockage "à froid" que vous conservez pendant de longues périodes et auquel vous accédez rarement.

- Passerelle de routage dynamique

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic de réseau privé entre les réseaux cloud virtuels de la même région, entre un VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Machine virtuelle

Une machine virtuelle est un environnement de calcul indépendant qui s'exécute sur un matériel Bare Metal physique. La virtualisation permet de faire fonctoinner plusieurs machines virtuelles isolées les unes des autres. Les machines virtuelles sont idéales pour exécuter les applications qui n'exigent pas les performances et les ressources (UC, mémoire, bande passante réseau, stockage) de toute une machine physique. Une instance de calcul de machine virtuelle Oracle Cloud Infrastructure s'exécute sur le même matériel qu'une instance Bare Metal, utilisant les mêmes composants : matériel, microprogramme, pile logicielle et infrastructure réseau optimisés pour le cloud.

- Volume de blocs

Avec Oracle Cloud Infrastructure Block Volumes, vous pouvez créer, attacher, connecter et déplacer des volumes de stockage, et modifier leurs performances afin de répondre à vos exigences en matière de stockage, de performances et d'application. Une fois un volume attaché et connecté à une instance, vous pouvez l'utiliser comme un disque dur classique. Vous pouvez également déconnecter un volume et l'attacher à une autre instance sans perdre de données.

Recommandations

- VCN

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher à des sous-réseaux dans le VCN. Utilisez des blocs CIDR qui se trouvent dans l'espace d'adresse IP privée standard.

Sélectionnez les blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données sur site ou un autre fournisseur cloud) auquel vous avez l'intention de configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte du flux de trafic et des exigences de sécurité. Attachez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, qui peut servir de limite de sécurité.

- Sécurité

Utilisez Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure de manière proactive. Cloud Guard utilise des recettes de détecteur que vous pouvez définir pour examiner les faiblesses de sécurité de vos ressources et pour surveiller les opérateurs et les utilisateurs afin de détecter les activités à risque. Lorsqu'une erreur de configuration ou une activité non sécurisée est détectée, Cloud Guard recommande des actions correctives et vous aide à effectuer ces actions, en fonction des recettes de répondeur que vous pouvez définir.

Pour les ressources nécessitant une sécurité maximale, Oracle vous recommande d'utiliser des zones de sécurité. Une zone de sécurité est un compartiment associé à une recette de stratégies de sécurité définie par Oracle qui repose sur les meilleures pratiques. Par exemple, les ressources d'une zone de sécurité ne doivent pas être accessibles à partir du réseau Internet public et doivent être cryptées à l'aide de clés gérées par le client. Lorsque vous créez et mettez à jour des ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide les opérations par rapport aux stratégies de la recette de zone de sécurité et refuse les opérations qui enfreignent l'une des stratégies.

- Cloud Guard

Cloner et personnaliser les recettes par défaut fournies par Oracle afin de créer des recettes de détecteur et de répondeur personnalisées. Ces recettes vous permettent de spécifier le type de violation de sécurité qui génère un avertissement et les actions autorisées à y être exécutées. Par exemple, vous pouvez détecter les buckets Object Storage dont la visibilité est définie sur Public.

Appliquez Cloud Guard au niveau de la location pour couvrir la portée la plus large et réduire la charge administrative liée à la maintenance de plusieurs configurations.

Vous pouvez également utiliser la fonction Liste gérée pour appliquer certaines configurations aux détecteurs.

- Security Zones

Pour les ressources nécessitant une sécurité maximale, Oracle vous recommande d'utiliser des zones de sécurité. Une zone de sécurité est un compartiment associé à une recette de stratégies de sécurité définie par Oracle qui repose sur les meilleures pratiques. Par exemple, les ressources d'une zone de sécurité ne doivent pas être accessibles à partir du réseau Internet public et doivent être cryptées à l'aide de clés gérées par le client. Lorsque vous créez et mettez à jour des ressources dans une zone de sécurité, Oracle Cloud Infrastructure valide les opérations par rapport aux stratégies de la recette de zone de sécurité et refuse les opérations qui enfreignent l'une des stratégies.

- Groupes de sécurité réseau

Vous pouvez utiliser des groupes de sécurité réseau pour définir un ensemble de règles entrantes et sortantes qui s'appliquent à des cartes d'interface réseau virtuelles spécifiques. Nous vous recommandons d'utiliser des groupes de sécurité réseau plutôt que des listes de sécurité, car ces derniers vous permettent de séparer l'architecture de sous-réseau du VCN des exigences de sécurité de votre application.

- Bande passante d'équilibreur de charge

Lors de la création de l'équilibreur de charge, vous pouvez sélectionner une forme prédéfinie qui fournit une bande passante fixe ou indiquer une forme personnalisée (flexible) dans laquelle vous définissez une plage de bande passante et laisser le service redimensionner automatiquement la bande passante en fonction des modèles de trafic. Dans l'une ou l'autre approche, vous pouvez modifier la forme à tout moment après avoir créé l'équilibreur de charge.

Points à prendre en compte

Tenez compte des points suivants lors du déploiement de cette architecture de référence.

- Performances

Selon la quantité de données, vous pouvez utiliser Oracle Cloud Infrastructure FastConnect ou le VPN IPSec pour gérer les coûts.

- Sécurité

Par défaut, Oracle Cloud fournit le cryptage de tous les objets stockés dans des buckets Oracle Cloud Infrastructure Object Storage. Pour plus de sécurité, vous pouvez choisir de crypter ces objets à l'aide de clés gérées par le client.

- Disponibilité

Object Storage est hautement disponible. Toutefois, vous pouvez choisir de configurer la réplication inter-région pour vous protéger contre les coupures régionales peu probables.

- Coût

Le prix peut varier en fonction du nombre d'utilisateurs disposant d'un accès simultané, car cela a un impact direct sur le coût de l'infrastructure à provisionner et le nombre de licences GO-Global.