Activer les intégrations multicloud d'Oracle Cloud ERP à Microsoft Azure SQL Database

Oracle Integration Cloud Service est un service entièrement géré qui permet d'utiliser des architectures d'intégration multicloud.

- Une approche sans code avec des adaptateurs natifs Oracle Integration Cloud Service (Oracle Integration) pour Oracle Cloud ERP et Microsoft Azure SQL Database

- Modèle orienté événement permettant de découpler Oracle Cloud ERP de la base de données Microsoft Azure SQL Database à l'aide d'Oracle Cloud Infrastructure Streaming (OCI Streaming) Service (service Kafka géré par Oracle) et de l'adaptateur natif dont nous disposons pour ce service Oracle Cloud Infrastructure (OCI) dans Oracle Integration.

-

Une connexion privée à la base de données SQL Microsoft Azure à l'aide de l'agent de connectivité Oracle Integration, qui est l'élément clé des architectures d'intégration multicloud.

Architecture

Cette architecture de référence explique comment permettre à une solution d'intégration multicloud, orientée événements et sans code de recevoir des flux en temps réel à partir d'Oracle Cloud ERP et de les envoyer à une base de données Microsoft Azure SQL privée, en tirant parti d'un composant Oracle Integration appelé agent de connectivité, pour faciliter les intégrations sur site/multicloud.

Vous pouvez utiliser l'agent de connectivité Oracle Integration dans l'un des modèles détaillés dans les sections suivantes pour configurer une connexion entre Oracle Integration et Microsoft Azure SQL Database sur un réseau Azure privé.

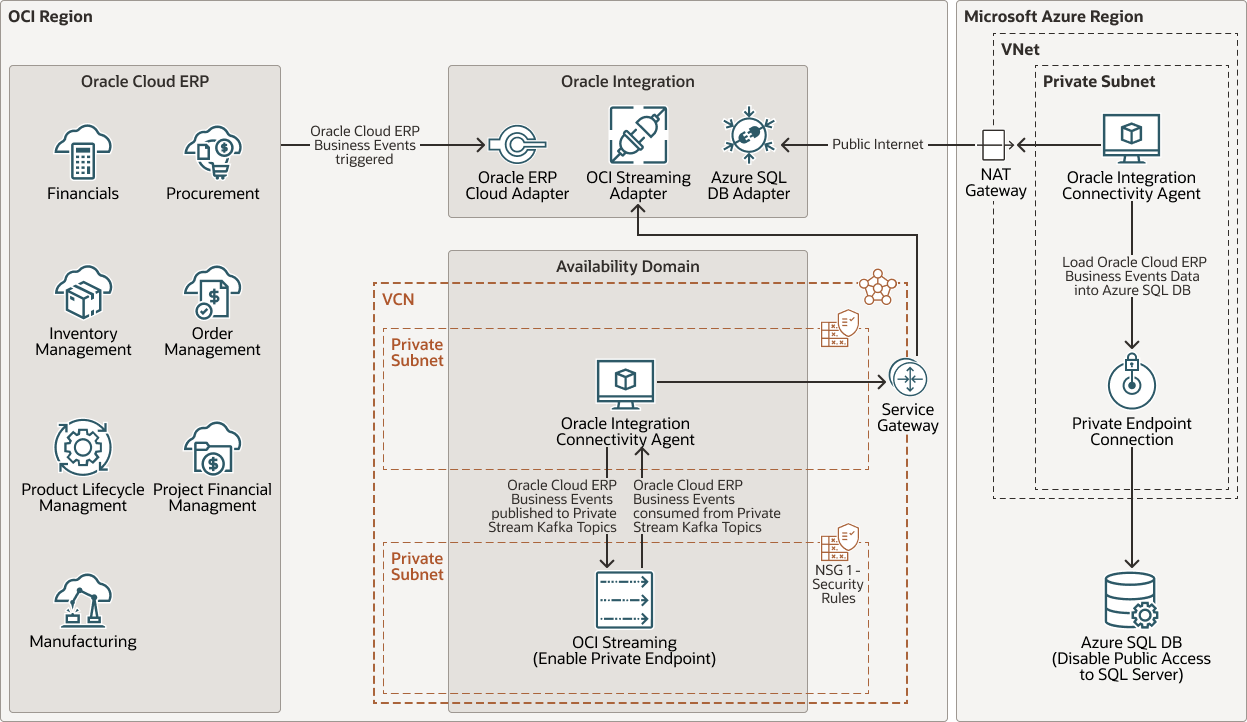

Flux multicloud orientés événements d'Oracle Cloud ERP vers Microsoft Azure SQL Database - Internet public et agent de connectivité Oracle Integration déployés selon le modèle de réseau privé Azure

Ce scénario utilise un agent de connectivité Oracle Integration pour communiquer avec une base de données Azure SQL privée.

- L'agent de connectivité Oracle Integration est installé sur une machine virtuelle Azure dans un sous-réseau privé au sein d'une instance VNet. Un lien privé Azure se connecte à la base de données Azure SQL privée. Le lien privé vous permet de vous connecter à la base de données Azure SQL via une adresse privée.

- Dans ce cas, la machine virtuelle Azure qui héberge l'agent de connectivité Oracle Integration peut se connecter à la base de données Azure SQL privée (l'accès public à Azure SQL Server est désactivé) via l'adresse privée, également configurée sur le même réseau virtuel Azure (VNet).

- L'agent de connectivité Oracle Integration communique avec Oracle Integration via un réseau Internet public via une passerelle NAT Azure (associée au sous-réseau privé dans VNet) d'un côté et avec la base de données SQL Azure privée de l'autre côté via une adresse privée Azure (lien privé).

- Lorsqu'un flux d'intégration dans Oracle Integration utilise l'adaptateur de base de données SQL Microsoft Azure pour effectuer une action dessus (par exemple, charger des données d'événements métier Oracle Cloud ERP dans une table SQL Azure), l'agent de connectivité lance une connexion sécurisée à Oracle Integration, extrait la demande, puis effectue l'action sur la base de données SQL Azure privée.

- Lorsque vous utilisez l'agent de connectivité, vous n'avez pas besoin d'ouvrir les pare-feu pour accéder à la base de données Azure SQL sur votre réseau privé Azure. En outre, tous les messages entre le réseau privé Azure et Oracle Integration sont chiffrés (SSL).

Le diagramme suivant illustre cette architecture de référence.

oci-multicloud-int-public-internet-oracle.zip

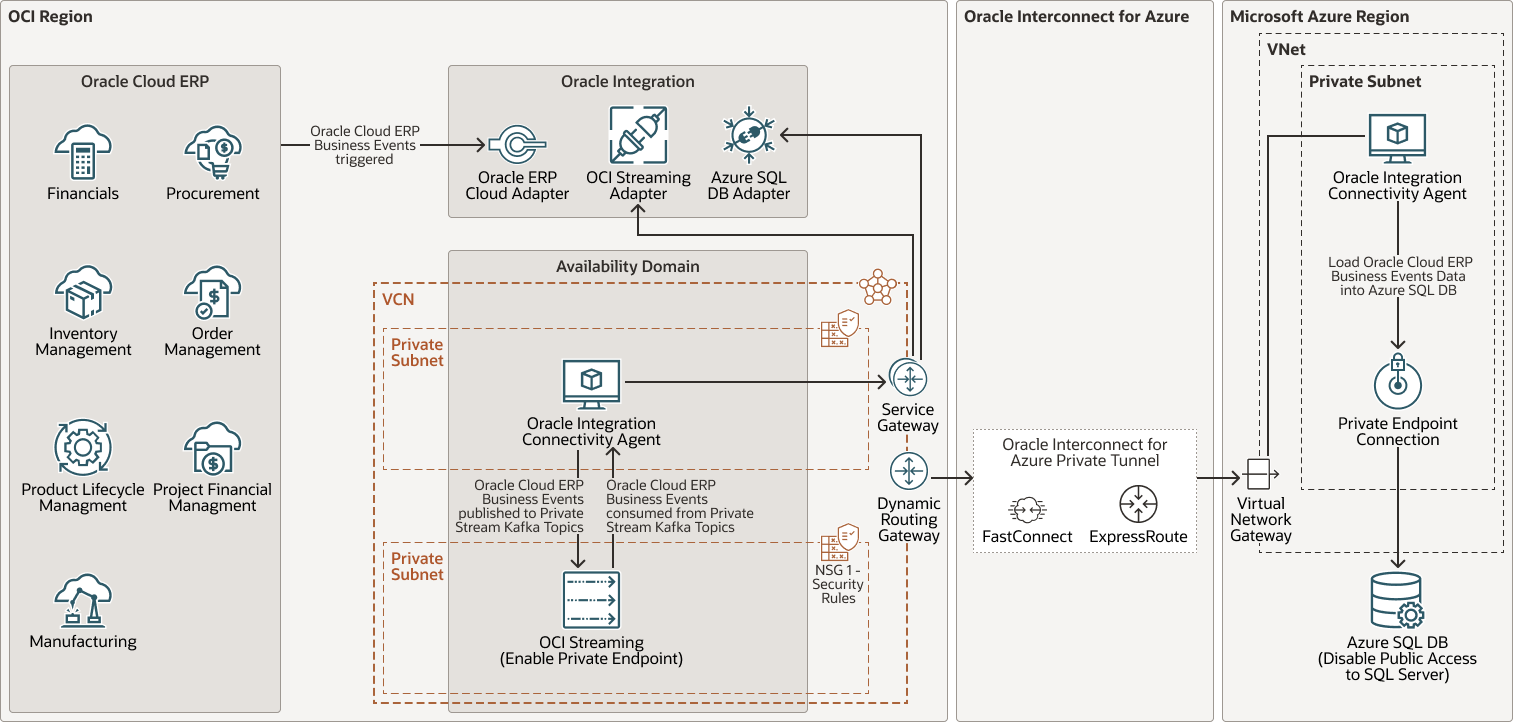

Flux multicloud orientés événements d'Oracle Cloud ERP vers Microsoft Azure SQL Database - Oracle Interconnect for Azure et Oracle Integration Connectivity Agent déployés selon un modèle de réseau privé Azure

- L'agent de connectivité Oracle Integration est installé sur une machine virtuelle Azure sur un sous-réseau privé dans VNet. Un lien privé Azure se connecte à la base de données Azure SQL privée via une adresse privée.

- Dans ce cas, la machine virtuelle Azure qui héberge l'agent de connectivité Oracle Integration peut se connecter à la base de données Azure SQL privée (l'accès public à Azure SQL Server est désactivé) via l'adresse privée, qui est également configurée sur le même réseau virtuel Azure (VNet).

- L'agent de connectivité Oracle Integration communique avec Oracle Integration via une connexion intercloud privée sécurisée entre le réseau Azure et OCI VCN qui contourne l'Internet public (Oracle Interconnect for Azure).

- Dans ce cas, l'agent de connectivité peut accéder à Oracle Integration via une passerelle Azure Virtual Network Gateway (associée au sous-réseau privé dans VNet), qui se connecte à son tour à un VCN OCI via Oracle Interconnect for Azure (ExpressRoute côté Azure et FastConnect côté Oracle Cloud) et à la base de données Azure SQL privée via une adresse privée Azure (lien privé).

- Lorsqu'un flux d'intégration dans Oracle Integration utilise l'adaptateur de base de données SQL Microsoft Azure pour effectuer une action dessus (par exemple, charger des données d'événements métier Oracle Cloud ERP dans une table SQL Azure), l'agent de connectivité lance une connexion sécurisée à Oracle Integration, extrait la demande, puis effectue l'action sur la base de données SQL Azure privée.

- En outre, une passerelle de service OCI doit être configurée pour acheminer le trafic du VCN vers Oracle Integration. De plus, le routage de transit directement via des passerelles doit être activé sur le VCN OCI (les tables de routage sur le VCN OCI doivent être configurées pour l'attachement DRG OCI, ainsi que pour la passerelle de service OCI). C'est pourquoi le trafic transite via le VCN vers sa destination au-delà du VCN tel qu'Oracle Integration (l'accès privé à Oracle Cloud Services tel qu'Oracle Integration est garanti lors de l'utilisation d'OCI Service Gateway).

Le diagramme suivant illustre cette architecture de référence.

oci-multicloud-interconnect-azure-oracle.zip

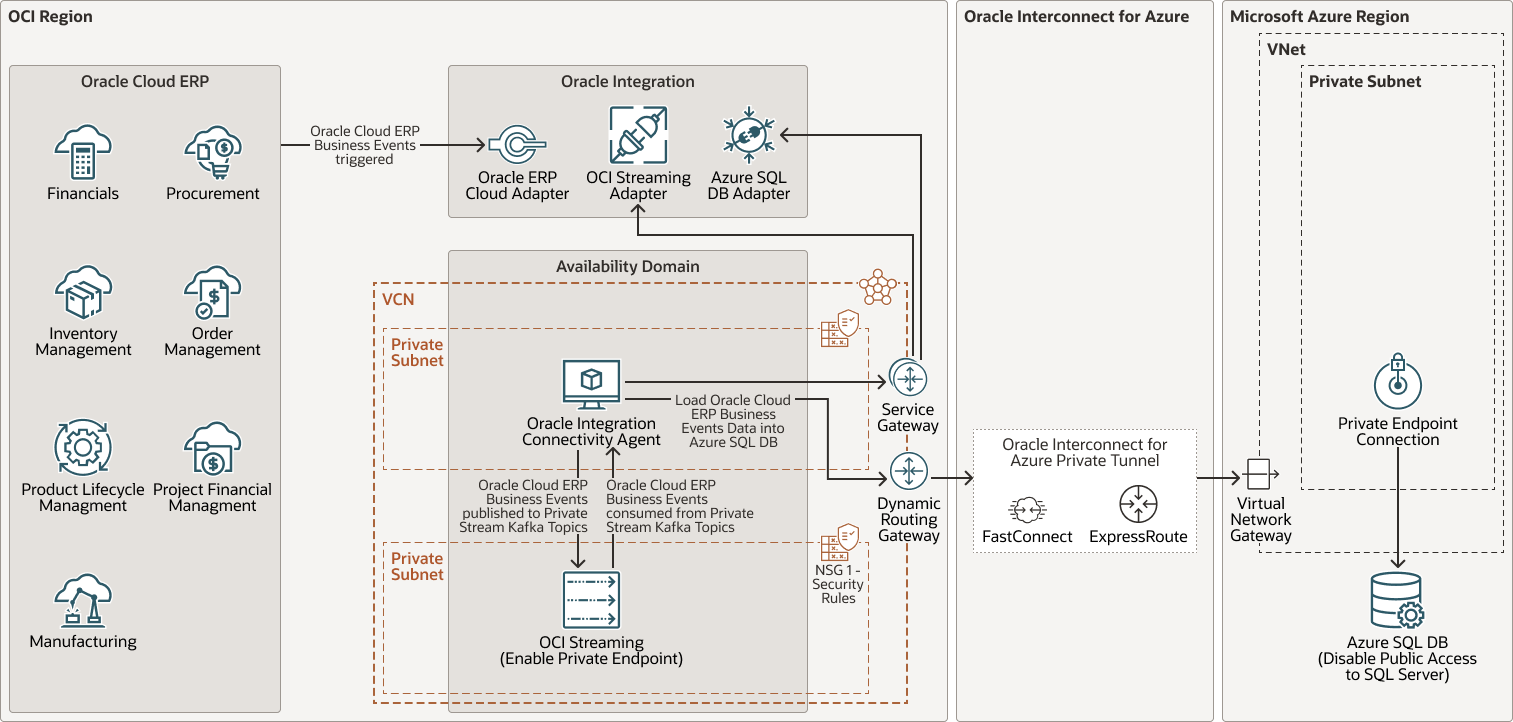

Flux multicloud orientés événements d'Oracle Cloud ERP vers Microsoft Azure SQL Database - Oracle Interconnect for Azure et Oracle Integration Connectivity Agent déployés selon un modèle VCN OCI

- L'agent de connectivité Oracle Integration est installé sur une machine virtuelle OCI sur un sous-réseau privé au sein d'un VCN OCI. En outre, une passerelle de service OCI doit être configurée pour acheminer le trafic du VCN vers Oracle Integration. Côté Azure, un lien privé Azure se connecte à la base de données SQL Azure privée. Le lien privé vous permet de vous connecter à la base de données Azure SQL via une adresse privée.

- Dans ce cas, la machine virtuelle OCI qui héberge l'agent de connectivité Oracle Integration au sein d'un VCN OCI peut se connecter à la base de données Azure SQL privée (l'accès public à Azure SQL Server est désactivé) via l'adresse privée, qui est configurée sur un réseau virtuel Azure (VNet).

- L'agent de connectivité Oracle Integration (déployé dans un VCN OCI) communique en privé avec Oracle Integration via une passerelle de service OCI (l'accès privé à Oracle Cloud Services tel qu'Oracle Integration est garanti lors de l'utilisation d'OCI Service Gateway).

- De l'autre côté, l'agent de connectivité Oracle Integration communique avec la base de données Azure SQL privée via une connexion intercloud privée sécurisée entre le réseau Azure et OCI VCN qui contourne l'Internet public (Oracle Interconnect for Azure). Dans ce cas, l'agent de connectivité peut accéder à la base de données Azure SQL privée via une passerelle de routage dynamique OCI (DRG), qui se connecte à son tour à une instance Azure VNet via Oracle Interconnect for Azure (ExpressRoute côté Azure, et FastConnect côté Oracle Cloud), il atteint une passerelle de réseau virtuel Azure (associée à Azure VNet) et se connecte enfin à la base de données SQL Azure privée via une adresse privée Azure (lien privé), configurée dans Azure VNet.

- Lorsqu'un flux d'intégration dans Oracle Integration utilise l'adaptateur de base de données SQL Microsoft Azure pour effectuer une action dessus (par exemple, charger des données d'événements métier Oracle Cloud ERP dans une table SQL Azure), l'agent de connectivité lance une connexion sécurisée à Oracle Integration, extrait la demande, puis effectue l'action sur la base de données SQL Azure privée.

Le diagramme suivant illustre cette architecture de référence.

oci-multicloud-interconnect-agent-oracle.zip

Pour les trois modèles décrits dans les sections ci-dessus :

Oracle Integration est utilisé pour :

Flux d'intégration de l'émetteur

- Reçoit des données en temps réel à partir d'Oracle Cloud ERP via l'adaptateur natif Oracle ERP Cloud (exemple : événement de commande d'achat, événement créé par le fournisseur, facture fournisseurs approuvée, imputation par lots d'écritures terminée, etc.).

- Enrichit la charge utile de l'événement Oracle Cloud ERP en extrayant des détails supplémentaires sur l'événement à l'aide de l'adaptateur natif Oracle ERP Cloud, par exemple - Obtenir des détails supplémentaires sur le fournisseur en plus de l'événement créé par le fournisseur - (facultatif, s'applique uniquement à quelques événements métier).

- Publie les données des événements métier Oracle Cloud ERP vers les rubriques/flux Kafka privés OCI Streaming (par exemple, PurchaseOrderTopic, SupplierTopic, AccountPayablesTopic, etc.) via l'adaptateur natif OCI Streaming (la connexion Oracle Integration utilise un agent de connectivité déployé dans une machine virtuelle OCI dans un sous-réseau privé qui a accès au sous-réseau privé auquel appartient l'adresse privée OCI Streaming. Cet agent de connectivité envoie des demandes à Oracle Integration via une passerelle de service OCI, ce qui garantit que l'accès à Oracle Integration est acheminé via le réseau interne.

Flux d'intégration des consommateurs

- Utilise les données des événements métier Oracle Cloud ERP à partir des flux/sujets Kafka privés OCI Streaming (par exemple, PurchaseOrderTopic, SupplierTopic, AccountPayablesTopic, etc.) via l'adaptateur natif OCI Streaming.

- Charge les données des événements métier Oracle Cloud ERP dans une base de données Azure SQL privée via l'adaptateur natif Microsoft Azure SQL Database.

OCI Streaming associé à Oracle Integration permet d'effectuer les opérations suivantes :

- Dissociez Oracle Cloud ERP d'Azure SQL Database, en minimisant l'impact sur la solution si l'application/le système en aval tombe en panne (Azure SQL Database dans ce cas).

- Assurez la distribution des messages à la base de données Azure SQL avec une gestion efficace des erreurs (si la base de données Azure SQL est arrêtée, vous pouvez utiliser Réessayer les rubriques Kafka et Dead Letter Kafka dans OCI Streaming pour réessayer les messages ayant échoué, à l'aide de nouvelles intégrations programmées dans Oracle Integration qui consomment des messages ayant échoué et tentent de les charger dans Azure SQL Database).

- Effectuer le traitement des données des événements métier Oracle Cloud ERP en parallèle à l'aide de la fonctionnalité d'adaptateur OCI Streaming afin de consommer des messages provenant d'une partition spécifique associée au même sujet.

- Mesurez les demandes envoyées à Azure SQL Database, car l'adaptateur OCI Streaming permet de consommer un ou plusieurs enregistrements à partir d'une partition/un sujet spécifique, ainsi que de contrôler la fréquence à laquelle vous consommez les messages à partir de la partition/du sujet.

L'architecture se compose des éléments suivants :

Composants Oracle Cloud Infrastructure

- Oracle Cloud ERP

L'application Oracle Cloud ERP expose les services Web, les API, les objets fonctionnels et les événements de publication. L'adaptateur Oracle ERP Cloud inclus avec Oracle Integration fournit une connectivité à différents modules d'Oracle Cloud ERP tels que Financials, Procurement, Account Payables, General Ledger, etc., sans connaître les détails spécifiques impliqués dans l'intégration. Les événements métier Oracle Cloud ERP ne peuvent être consommés que via l'adaptateur Oracle ERP Cloud.

- Oracle Integration

Oracle Integration est un service entièrement géré qui permet d'intégrer vos applications, d'automatiser les processus, de bénéficier d'informations sur vos processus métier et de créer des applications visuelles.

- Agent de connectivité

Vous pouvez créer des intégrations hybrides et échanger des messages entre des applications dans des réseaux privés ou sur site et Oracle Integration à l'aide de l'agent de connectivité.

- Transmission en continu

Oracle Cloud Infrastructure Streaming offre une solution de stockage entièrement gérée, évolutive et durable adaptée aux flux de données importants transmis en continu, que vous pouvez utiliser et traiter en temps réel. Vous pouvez utiliser Streaming pour l'inclusion de grands volumes de données, telles que les journaux d'application, les données de télémétrie opérationnelle, les données de flux de clics sur le Web ou pour d'autres cas d'emploi où des données sont produites et traitées de manière continue et séquentielle suivant un modèle d'échange de messages de publication/souscription.

- Région

Une région Oracle Cloud Infrastructure est une zone géographique localisée qui contient des centres de données, appelés domaines de disponibilité. Les régions sont indépendantes les unes des autres et de grandes distances peuvent les séparer (dans des pays voire des continents).

- Domaines de disponibilité

Les domaines de disponibilité sont des centres de données autonomes indépendants au sein d'une région. Les ressources physiques de chaque domaine de disponibilité sont isolées de celles des autres, ce qui garantit la tolérance aux pannes. Les domaines de disponibilité ne partagent ni infrastructure (par exemple, alimentation, système de refroidissement), ni réseau de domaine de disponibilité interne. Ainsi, il est peu probable qu'un problème survenant dans un domaine de disponibilité affecte les autres domaines de disponibilité de la région.

- Réseau cloud virtuel (VCN) et sous-réseaux

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux cloud virtuels vous donnent un contrôle total sur l'environnement réseau. Un réseau cloud virtuel peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après l'avoir créé. Vous pouvez segmenter un réseau cloud virtuel en plusieurs sous-réseaux ciblant une région ou un domaine de disponibilité. Chaque sous-réseau est composé d'une plage contiguë d'adresses qui ne chevauchent pas celles des autres sous-réseaux du réseau cloud virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- Groupe de sécurité réseau

Le groupe de sécurité réseau fait office de pare-feu virtuel pour vos ressources cloud. Avec le modèle de sécurité de confiance zéro d'Oracle Cloud Infrastructure, tout le trafic est refusé et vous pouvez contrôler le trafic réseau à l'intérieur d'un VCN. Un groupe de sécurité réseau se compose d'un ensemble de règles de sécurité entrantes et sortantes qui s'appliquent uniquement à un ensemble spécifié de cartes d'interface réseau virtuelles dans un seul VCN.

- Passerelle de service

La passerelle de service fournit l'accès d'un VCN à d'autres services, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic du VCN vers le service Oracle se déplace sur la structure réseau Oracle et ne traverse jamais Internet.

- Dynamic routing gateway (DRG)

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic réseau privé entre les réseaux cloud virtuels de la même région, entre un VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Table de routage

Les tables de routage virtuel contiennent des règles pour acheminer le trafic des sous-réseaux vers des destinations en dehors d'un VCN, généralement via des passerelles.

- FastConnect

Oracle Cloud Infrastructure FastConnect permet de créer facilement une connexion privée dédiée entre le centre de données et Oracle Cloud Infrastructure. FastConnect offre des options de bande passante plus élevée et une expérience réseau plus fiable par rapport aux connexions Internet.

- OCI et Azure Interconnect

Oracle Cloud et Microsoft Azure Interconnect sont la première offre multicloud d'Oracle. Il fournit une connexion réseau directe entre des centres de données Azure et Oracle Cloud Infrastructure (OCI) spécifiques à travers le monde. Il permet aux administrateurs et aux développeurs Azure de connecter leurs applications aux applications et services exécutés dans OCI sans créer de liens dédiés ni envoyer leur trafic d'application sur l'Internet public.

Composants Microsoft Azure

- Azure SQL Database

Azure SQL Database est un moteur de base de données entièrement géré (plate-forme en tant que service) qui gère la plupart des fonctions de gestion de base de données telles que la mise à niveau, l'application de patches, les sauvegardes et la surveillance sans intervention de l'utilisateur. L'adaptateur Microsoft SQL Server inclus avec Oracle Integration vous permet d'intégrer la base de données Microsoft Azure SQL Server résidant derrière le pare-feu de votre réseau Azure avec Oracle Integration via l'agent de connectivité Oracle Integration. Utilisez l'adaptateur Microsoft SQL Server pour rechercher les enregistrements nouveaux et mis à jour à traiter dans Oracle Integration.

- Réseau virtuel (VNet) et sous-réseau

Un VNet est un réseau virtuel que vous définissez dans Azure. Un élément VNet peut comporter plusieurs sous-réseaux de blocs CIDR qui ne se chevauchent pas que vous pouvez ajouter après la création de l'élément VNet. Vous pouvez segmenter un élément VNet en sous-réseaux, qui peuvent être ciblés vers une région ou vers des zones de disponibilité. Chaque sous-réseau se compose d'une plage contiguë d'adresses qui ne chevauchent pas les autres sous-réseaux dans VNet. Utilisez VNet pour isoler vos ressources Azure de manière logique au niveau du réseau.

- Lien privé (adresse privée)

Le lien privé vous permet de vous connecter à divers services PaaS dans Azure (comme Azure SQL Database) via une adresse privée. Une adresse privée est une adresse IP privée au sein d'un sous-réseau et d'un VNet spécifiques.

- passerelle de réseau virtuel

Une passerelle de réseau virtuel autorise le trafic entre un Azure VNet et un réseau en dehors d'Azure, soit sur le réseau Internet public, soit à l'aide de ExpressRoute, selon le type de passerelle que vous indiquez.

- Tables de routage

Les tables de routage dirigent le trafic entre les sous-réseaux Azure, VNets et les réseaux en dehors d'Azure.

- ExpressRoute

Azure ExpressRoute vous permet de configurer une connexion privée entre un VNet et un autre réseau, tel que votre réseau sur site ou un réseau dans un autre fournisseur cloud. ExpressRoute est une alternative plus fiable et plus rapide aux connexions Internet classiques, car le trafic sur ExpressRoute ne traverse pas le réseau Internet public.

Recommandations

Utilisez les recommandations suivantes comme point de départ pour activer une solution d'intégration multicloud orientée événements d'Oracle Cloud ERP à Microsoft Azure SQL Database via Oracle Integration et OCI Streaming. Vos besoins peuvent différer de l'architecture décrite ici.

- Connectivité

Toutes les connexions au sein d'OCI et d'Azure doivent être établies via un réseau privé, à savoir :

- Les agents de connectivité qui se connectent à OCI Streaming doivent être installés dans une machine virtuelle OCI au sein d'un sous-réseau privé.

- Les flux/sujets Kafka OCI Streaming que vous créez doivent être associés à un pool de flux de données déployé avec une adresse privée (associée à un sous-réseau privé dans un VCN OCI).

- Les agents de connectivité qui se connectent à la base de données Azure SQL doivent être installés dans une machine virtuelle Azure au sein d'un sous-réseau privé dans VNet.

- La connexion entre la machine virtuelle Azure qui héberge l'agent de connectivité (déployée dans un sous-réseau privé dans VNet) et la base de données SQL Azure doit être effectuée via un lien privé Azure (adresse privée).

Vous pouvez commencer par configurer l'agent Internet public et de connectivité déployé selon un modèle de réseau privé Azure, ce qui vous oblige uniquement à installer l'agent de connectivité dans une machine virtuelle Azure, et à configurer la configuration de sécurité appropriée dans Azure afin de garantir l'accès de l'agent de connectivité à l'instance Oracle Integration (il s'agit d'une communication SSL sur Internet public).

Pour garantir une connectivité privée de bout en bout pour cette architecture d'intégration, vous pouvez envisager de configurer l'agent d'interconnexion Oracle pour Azure et de connectivité déployé selon un modèle de réseau privé Azure ou l'interconnexion Oracle pour Azure et l'agent de connectivité déployés dans un modèle VCN OCI , pour utiliser Oracle Interconnect for Azure afin que toutes les transactions d'intégration entre Oracle Integration et l'agent de connectivité qui dispose d'un accès privé à Azure SQL Database soient acheminées via celui-ci.

- Limitation de l'accès à une instance Oracle Integration

Limitez les réseaux ayant accès à votre instance Oracle Integration en configurant la liste d'autorisation Oracle Integration (anciennement liste blanche). Seuls les utilisateurs/systèmes des adresses IP spécifiques, des blocs CIDR (Classless Inter-Domain Routing) et des réseaux cloud virtuels spécifiés peuvent accéder à l'instance Oracle Integration.

Dans cette architecture d'intégration, la liste d'autorisation Oracle Integration peut restreindre l'accès à l'instance Oracle Integration, en autorisant uniquement les demandes lancées par les instances Oracle Cloud ERP et les OCID VCN associés aux machines virtuelles hébergeant les agents de connectivité.

- Utiliser l'agent de connectivité dans les environnements haute disponibilité

Vous pouvez utiliser l'agent de connectivité dans des environnements haute disponibilité avec Oracle Integration. Vous installez l'agent de connectivité deux fois sur différents hôtes. Les agents de connectivité peuvent évoluer horizontalement, ce qui offre tous les avantages de l'exécution de plusieurs agents pour un groupe d'agents. Les performances sont ainsi améliorées et les avantages du basculement sont étendus.

Dans cette architecture d'intégration, vous pouvez disposer des éléments suivants :- Deux agents de connectivité installés sur deux machines virtuelles OCI différentes (pour les agents qui accèdent aux services OCI), chaque machine virtuelle OCI déployée sur différents domaines de pannes (dans un domaine de disponibilité) ou différents domaines de disponibilité (dans une région cloud).

- Deux agents de connectivité installés sur deux machines virtuelles Azure différentes (pour les agents qui accèdent aux services Azure), chaque machine virtuelle Azure déployée sur différentes zones de disponibilité Azure (dans une région Azure).

- VCN (s'applique également à Azure VNet)

Lorsque vous créez un VCN, déterminez le nombre de blocs CIDR requis et la taille de chaque bloc en fonction du nombre de ressources que vous prévoyez d'attacher aux sous-réseaux du VCN. Utilisez des blocs CIDR situés dans l'espace d'adresses IP privées standard.

Sélectionnez des blocs CIDR qui ne chevauchent aucun autre réseau (dans Oracle Cloud Infrastructure, votre centre de données on-premise ou un autre fournisseur cloud) sur lequel vous souhaitez configurer des connexions privées.

Après avoir créé un VCN, vous pouvez modifier, ajouter et supprimer ses blocs CIDR.

Lorsque vous concevez les sous-réseaux, tenez compte de vos exigences en matière de sécurité et de flux de trafic. Associez toutes les ressources d'un niveau ou d'un rôle spécifique au même sous-réseau, ce qui peut servir de limite de sécurité.

Utilisez des sous-réseaux régionaux.

- Groupes de sécurité réseau

Vous pouvez utiliser des groupes de sécurité réseau pour définir un ensemble de règles entrantes et sortantes qui s'appliquent à des cartes d'interface réseau virtuelles spécifiques. Nous vous recommandons d'utiliser des groupes de sécurité réseau plutôt que des listes de sécurité, car les groupes de sécurité réseau vous permettent de séparer l'architecture de sous-réseau du VCN des exigences de sécurité de votre application.

Dans cette architecture d'intégration, le groupe de sécurité réseau est utilisé pour définir les règles entrantes et sortantes pour OCI Streaming avec une adresse privée, des machines virtuelles OCI hébergeant des agents de connectivité, etc.

Remarques

Tenez compte des points suivants lors du déploiement de cette architecture de référence.

- Evolutivité

Lors de la création des flux/sujets OCI Streaming, les administrateurs indiquent le nombre de flux de données qu'ils prévoient d'utiliser. Des flux peuvent être créés par domaine fonctionnel (par exemple, InvoiceStream, PurchaseOrderStream, etc.). Les administrateurs spécifient également les partitions qu'ils prévoient d'utiliser par flux/sujet. Les partitions vous permettent de distribuer un flux/sujet en fractionnant les messages sur plusieurs noeuds, ce qui permet à plusieurs destinataires de lire un flux/sujet en parallèle (dans ce cas, vous pouvez disposer de plusieurs clones du même flux d'intégration des consommateurs dans Oracle Integration, chacun lisant à partir d'une partition différente d'un flux/sujet utilisant l'adaptateur OCI Streaming comme déclencheur).

Lors de la création d'instances Oracle Integration, les administrateurs spécifient le nombre de packs de messages qu'ils prévoient d'utiliser par instance.

- Limites de ressources

Prenez en compte les meilleures pratiques, les limites par service et les quotas de compartiment pour votre location.

- Sécurité

Utilisez les stratégies Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) pour contrôler qui peut accéder à vos ressources cloud (par exemple, Oracle Integration, instances OCI Streaming, instances OCI Compute, etc.) et quelles opérations peuvent être effectuées. Pour protéger les mots de passe de base de données ou toute autre clé secrète, envisagez d'utiliser le service OCI Vault.

- Disponibilité

Envisagez d'utiliser une option de haute disponibilité en fonction de vos besoins de déploiement et de votre région. Les options incluent la distribution des ressources entre plusieurs domaines de disponibilité d'une région et la distribution des ressources entre les domaines de pannes d'un domaine de disponibilité.

Les domaines de pannes offrent la meilleure résilience pour les charges de travail déployées dans un seul et même domaine de disponibilité. Pour une haute disponibilité au niveau de l'application, déployez les serveurs d'applications dans différents domaines de pannes et utilisez un équilibreur de charge pour distribuer le trafic client entre les serveurs d'applications.

- Performances et coûts

OCI propose des formes de calcul adaptées à un large éventail d'applications et de cas d'emploi. Choisissez soigneusement les formes de vos instances de calcul. Sélectionnez les formes qui offrent des performances optimales pour votre charge au coût le plus bas. Si vous avez besoin de davantage de performances, de mémoire ou de bande passante réseau, vous pouvez passer à une forme plus grande.

En savoir plus

En savoir plus sur l'établissement d'une connectivité de réseau privé multicloud via Oracle Integration.

Consultez les ressources supplémentaires suivantes :

- Vidéo : Création d'une solution de flux PO multicloud orientée événement avec une intégration low-code

- Fonctionnalités de l'adaptateur Oracle ERP Cloud

- Utilisation de l'adaptateur de service Oracle Cloud Infrastructure Streaming avec Oracle Integration

- Fonctionnalités d'adaptateur Microsoft SQL Server

- Création d'intégrations hybrides à l'aide d'Oracle Integration

- En savoir plus sur l'interconnexion d'Oracle Cloud avec Microsoft Azure

- Agent de connectivité

- Limiter l'accès à Oracle Integration

- Sécurité d'un flux de données

- Structure des meilleures pratiques pour Oracle Cloud Infrastructure

- Documentation Oracle Cloud Infrastructure

- Estimateur de coût Oracle Cloud