Concevoir une structure de compartiment sécurisée pour Observability and Management sur Oracle Cloud

Les services d'observabilité et de gestion sont l'épine dorsale des solutions d'infrastructure cloud. Ils fournissent des informations essentielles sur la surveillance et l'observabilité de la disponibilité, des performances et de la sécurité du système.

La conception d'une organisation de compartiment Observability and Management sécurisée et efficace au sein d'Oracle Cloud Infrastructure est une entreprise stratégique qui répond à ces impératifs. La structure des compartiments sert de base à l'organisation efficace des ressources et des données cloud et à la gouvernance du contrôle d'accès. Cette architecture de référence est conçue avec les meilleures pratiques d'Oracle Cloud pour offrir une vue globale de l'état, du comportement et des risques du système. Il vise à fournir aux parties prenantes des informations exploitables, permettant une prise de décision rapide et éclairée.

Architecture

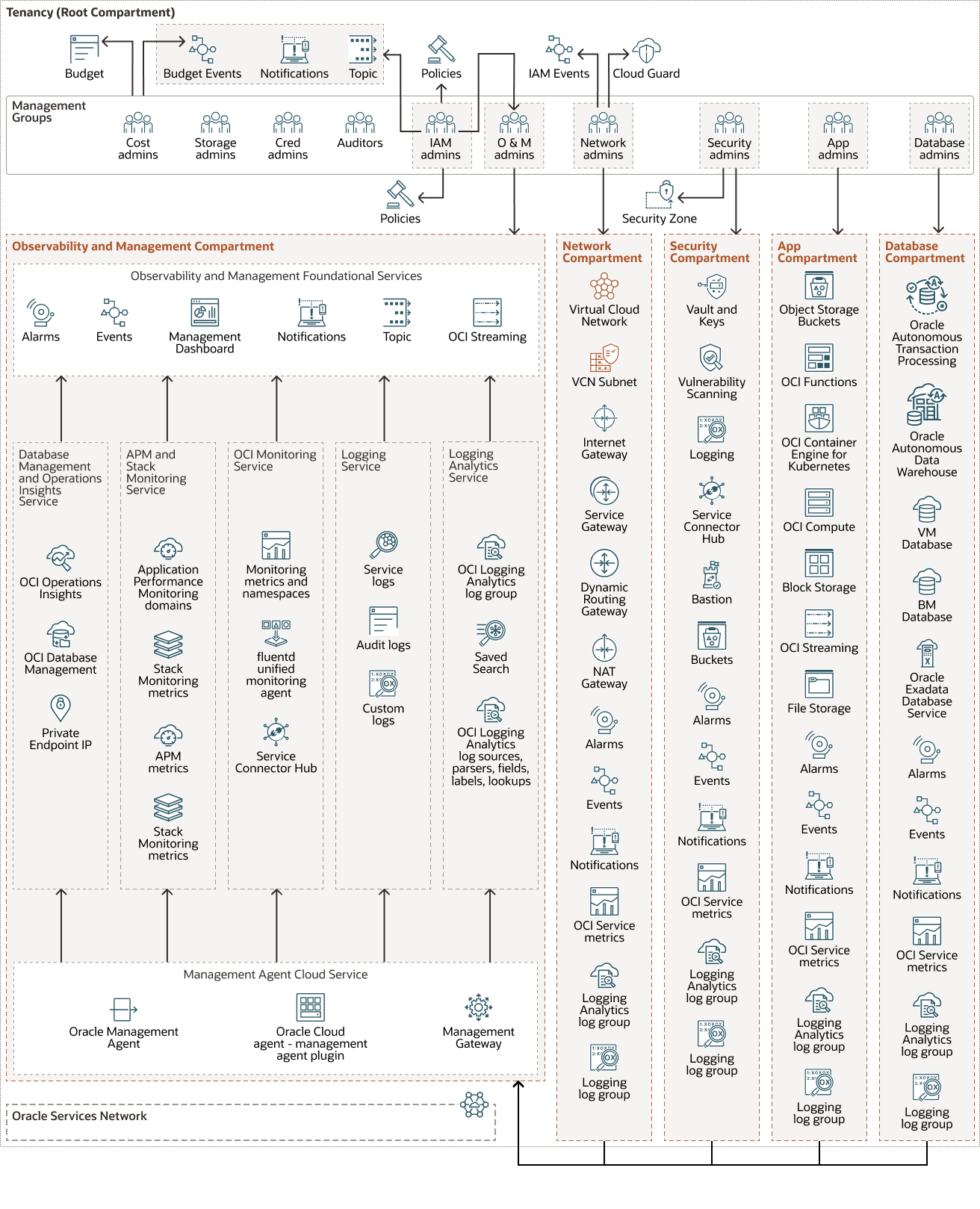

Cette architecture de référence décrit les composants et méthodologies critiques pour la conception d'un compartiment Oracle Cloud Observability and Management Platform qui fournit sécurité, résilience et dextérité opérationnelle dans l'écosystème cloud.

Le diagramme suivant illustre cette architecture de référence de compartiment Oracle Cloud Observability and Management Platform.

oracle-cloud-observabilité-arch-oracle.zip

- Compartiment Oracle Cloud Observability and Management Platform pour toutes les mesures et ressources des services Observability and Management, ainsi que le référentiel d'espace de noms des mesures.

- Compartiment réseau pour toutes les ressources de réseau, y compris les passerelles réseau et les données de journal associées au réseau requises.

- Compartiment de sécurité pour la journalisation des événements et de la sécurité, la gestion des clés et les journaux liés à la sécurité.

- Compartiment d'application pour les services liés aux applications, y compris le calcul, le stockage, les fonctions, les flux de données, les noeuds Kubernetes, la passerelle d'API et les journaux liés aux applications.

- Un compartiment de base de données pour toutes les ressources de base de données et les journaux associés à la base de données.

- Compartiment englobant facultatif contenant tous les compartiments ci-dessus.

L'architecture comporte les composants suivants :

- de location

Une location est une partition sécurisée et isolée configurée par Oracle dans Oracle Cloud lors de l'inscription à Oracle Cloud Infrastructure. Vous pouvez créer, organiser et administrer vos ressources dans Oracle Cloud au sein de votre location. Une location est synonyme d'une entreprise ou d'une organisation. Habituellement, une entreprise a une location unique et reflète sa structure organisationnelle au sein de cette location. Une location unique est généralement associée à un seul abonnement, et un seul abonnement n'a généralement qu'une location.

- Règle

Une stratégie Oracle Cloud Infrastructure Identity and Access Management spécifie qui peut accéder à quelles ressources et comment. L'accès est accordé au niveau du groupe et du compartiment, ce qui signifie que vous pouvez écrire une stratégie qui offre à un groupe un type d'accès spécifique dans un compartiment spécifique ou dans la location.

- Compartiment

Les compartiments sont des partitions logiques inter-région au sein d'une location Oracle Cloud Infrastructure. Utilisez des compartiments pour organiser les ressources dans Oracle Cloud, en contrôler l'accès et définir des quotas d'utilisation. Pour contrôler l'accès aux ressources d'un compartiment donné, vous définissez des stratégies qui indiquent qui peut accéder aux ressources et les actions réalisables.

- Monitoring

Le service Oracle Cloud Infrastructure Monitoring surveille de manière active et passive vos ressources cloud à l'aide de mesures pour surveiller les ressources et les alarmes afin de vous avertir lorsque ces mesures répondent aux déclencheurs spécifiés par les alarmes.

- Alarmes

La fonctionnalité Alarmes du service Monitoring fonctionne avec le service de destination configuré pour vous avertir lorsque les mesures atteignent les déclencheurs spécifiés par l'alarme.

- LoggingLogging est un service hautement évolutif et entièrement géré qui permet d'accéder aux types de journal suivants à partir des ressources du cloud.

- Journaux d'audit : journaux liés aux événements émis par le service Audit.

- Journaux de service : journaux émis par des services individuels tels que API Gateway, Events, Functions, Load Balancing, Object Storage et les journaux de flux VCN.

- Journaux personnalisés : journaux contenant des informations de diagnostic issues d'applications personnalisées, d'autres fournisseurs de cloud ou d'un environnement sur site.

- Evénements

Les services Oracle Cloud Infrastructure émettent des événements structurés qui décrivent les modifications apportées dans les ressources. Les événements sont émis pour les opérations de création, de lecture, de mise à jour ou de suppression (CRUD), les modifications d'état de cycle de vie des ressources et les événements système qui affectent les ressources cloud.

- Connecteurs de service

Oracle Cloud Infrastructure Service Connector Hub est une plate-forme cloud de bus de messages qui orchestre les déplacements de données entre des services OCI. Vous pouvez utiliser des connecteurs de service pour déplacer des données d'un service source vers un service cible. Les connecteurs de service vous permettent également d'indiquer éventuellement une tâche (telle qu'une fonction) à effectuer sur les données avant leur transmission au service cible.

Vous pouvez utiliser Oracle Cloud Infrastructure Service Connector Hub afin de créer rapidement une structure d'agrégation de journalisation pour les systèmes SIEM (gestion des informations et des événements de sécurité).

- Notifications

Le service Oracle Cloud Infrastructure Notifications diffuse des messages vers des composants distribués par le biais d'un modèle publication-abonnement qui délivre des messages sécurisés, durables, extrêmement fiables et à faible latence pour les applications hébergées sur Oracle Cloud Infrastructure.

- Transmission en continu

Oracle Cloud Infrastructure Streaming offre une solution de stockage entièrement gérée, évolutive et durable adaptée aux flux de données importants transmis en continu, que vous pouvez utiliser et traiter en temps réel. Vous pouvez utiliser Streaming pour l'inclusion de grands volumes de données telles que les journaux d'application, les télémesures opérationnelles et les données de flux de clics sur le Web. Vous pouvez également pour d'autres cas d'emploi dans lesquels des données sont produites et traitées de manière continue et séquentielle suivant un modèle d'échange de messages de publication/souscription.

- Gestion des bases de données

Database Management propose des fonctions complètes de gestion et de diagnostic des performances de base de données pour les bases de données Oracle et les systèmes de base de données MySQL HeatWave. En outre, vous pouvez utiliser Database Management pour repérer et surveiller les composants du système Oracle Database (système de base de données externe) sur site et l'infrastructure de stockage Exadata.

- Operations Insights Oracle Cloud Infrastructure Operations Insights est un service natif OCI qui fournit des informations globales sur la capacité et l'utilisation des ressources de base de données et d'hôte. Grâce à Operations Insights, vous pouvez effectuer les opérations suivantes :

- Analyse de l'utilisation des ressources par les bases de données et les hôtes de toute l'entreprise.

- Prévision de la demande future en ressources en fonction des tendances historiques.

- Comparaison des performances SQL dans des bases de données et identification de modèles communs.

- Identification des tendances de performances SQL dans les bases de données à l'échelle de l'entreprise.

- Analyse des statistiques AWR pour déterminer les performances de base de données, effectuer des diagnostics et procéder à des réglages dans l'ensemble d'un parc de bases de données.

- Créez et recevez des rapports d'actualité hebdomadaires qui vous présentent les ventilations des nouveaux niveaux d'utilisation élevés, des changements d'utilisation importants et des changements d'inventaire sur votre parc de bases de données, d'hôtes et de systèmes Exadata.

- Surveillance des performances des applications

Oracle Cloud Infrastructure Application Performance Monitoring offre une visibilité étendue sur les performances des applications et permet de diagnostiquer rapidement les problèmes afin de fournir un niveau de service cohérent. Cela inclut la surveillance des multiples composants et la répartition de la logique d'application entre les clients, les services tiers et les niveaux de calcul de back-end, sur site ou dans le cloud.

- Stack Monitoring

Stack Monitoring vous permet de surveiller de manière proactive une application et la pile d'applications sous-jacente, bases de données et serveurs d'applications compris. Il commence par repérer tous les composants de l'application, y compris sa topologie. Une fois repéré, il collecte automatiquement les mesures de statut, de charge, de réponse, d'erreur et d'utilisation pour tous les composants d'application.

- Logging Analytics

Oracle Logging Analytics est une solution cloud d'Oracle Cloud Infrastructure qui permet d'indexer, d'enrichir, d'agréger, d'explorer, de rechercher, d'analyser, de corréler, de visualiser et de surveiller toutes les données de journal de vos applications et de votre infrastructure système sur le cloud ou sur site.

- Management Agent

Un agent de gestion (agent) permet à un module d'extension de service de collecter des données à partir de l'hôte sur lequel vous installez l'agent de gestion. Il peut se connecter directement à Oracle Cloud Infrastructure à l'aide du service cloud Management Agent. L'agent de gestion est installé sur un hôte. Il surveille et collecte les données de sources résidant sur des hôtes ou des hôtes virtuels.

- Passerelle Management Agent

Le service Management Agent est un service cloud d'Oracle Cloud Infrastructure. Il gère les agents de gestion et leur cycle de vie. Les agents de gestion permettent aux services Oracle Cloud d'interagir avec les entités qu'ils gèrent et de collecter des données à partir de ces entités.

- Tableau de bord de gestionLe tableau de bord de gestion vous permet de créer des solutions de surveillance des performances, de diagnostic et d'analyse des données sur les ressources de plate-forme, d'infrastructure et d'application Oracle Cloud Infrastructure. Il dispose de puissantes options de visualisation de données qui rassemblent des données historiques et en temps réel et les affichent dans des widgets. Le tableau de bord de gestion est disponible dans le cadre des services d'observabilité et de gestion Oracle Cloud Infrastructure suivants :

- Surveillance des performances des applications

- Database Management

- Logging Analytics

- Management Agent

- Analyses d'opérations

- Réseau cloud virtuel (VCN) et sous-réseau

Un VCN est un réseau personnalisable défini par logiciel que vous configurez dans une région Oracle Cloud Infrastructure. Comme les réseaux de centre de données traditionnels, les réseaux cloud virtuels vous donnent le contrôle sur l'environnement réseau. Un réseau cloud virtuel peut comporter plusieurs blocs CIDR qui ne se chevauchent pas et que vous pouvez modifier après l'avoir créé. Vous pouvez segmenter un réseau cloud virtuel en plusieurs sous-réseaux ciblant une région ou un domaine de disponibilité. Chaque sous-réseau est composé d'une plage contiguë d'adresses qui ne chevauchent pas celles des autres sous-réseaux du réseau cloud virtuel. Vous pouvez modifier la taille d'un sous-réseau après sa création. Un sous-réseau peut être public ou privé.

- passerelle Internet

La passerelle Internet autorise le trafic entre les sous-réseaux publics d'un VCN et le réseau Internet public.

- Dynamic routing gateway (DRG)

Le DRG est un routeur virtuel qui fournit un chemin pour le trafic de réseau privé entre les réseaux cloud virtuels de la même région, entre un VCN et un réseau en dehors de la région, tel qu'un VCN dans une autre région Oracle Cloud Infrastructure, un réseau sur site ou un réseau dans un autre fournisseur cloud.

- Passerelle NAT (Network Address Translation)

Une passerelle NAT permet aux ressources privées d'un VCN d'accéder à des hôtes sur Internet, sans exposer ces ressources aux connexions Internet entrantes.

- passerelle de service

La passerelle de service permet d'accéder à d'autres services à partir d'un VCN, tels qu'Oracle Cloud Infrastructure Object Storage. Le trafic du VCN vers le service Oracle transite par la structure réseau Oracle et ne traverse pas Internet.

- Oracle Services Network

Oracle Services Network (OSN) est un réseau conceptuel dans Oracle Cloud Infrastructure réservé aux services Oracle. Ces services possèdent des adresses IP publiques auxquelles vous pouvez accéder par Internet. Les hôtes en dehors d'Oracle Cloud peuvent accéder à OSN en privé à l'aide d'Oracle Cloud Infrastructure FastConnect ou de VPN Connect. Les hôtes de vos réseaux cloud virtuels peuvent accéder au réseau OSN en privé via une passerelle de service.

- Groupe de sécurité réseau

Le groupe de sécurité réseau fait office de pare-feu virtuel pour vos ressources cloud. Avec le modèle de sécurité zéro confiance d'Oracle Cloud Infrastructure, tout le trafic est refusé et vous pouvez contrôler le trafic réseau à l'intérieur d'un VCN. Un groupe de sécurité réseau se compose d'un ensemble de règles de sécurité entrantes et sortantes qui s'appliquent uniquement à un ensemble spécifié de cartes d'interface réseau virtuelles dans un seul VCN.

- Vault

Oracle Cloud Infrastructure Vault permet de gérer de manière centralisée les clés de cryptage qui protègent vos données et les informations d'identification de clé secrète utilisées pour sécuriser l'accès à vos ressources dans le cloud. Vous pouvez utiliser le service Vault pour créer et gérer des coffres, des clés et des clés secrètes.

- Cloud Guard

Vous pouvez utiliser Oracle Cloud Guard pour surveiller et maintenir la sécurité de vos ressources dans Oracle Cloud Infrastructure. Cloud Guard utilise des recettes de détecteur que vous pouvez définir pour examiner vos ressources à la recherche de failles de sécurité et pour surveiller les opérateurs et les utilisateurs pour certaines activités à risque. En cas de détection d'une mauvaise configuration ou d'une activité non sécurisée, Cloud Guard recommande des actions correctives et aide à effectuer ces actions, en fonction des recettes de répondeur que vous pouvez définir.

- Zone de sécurité

Les zones de sécurité garantissent les meilleures pratiques d'Oracle en matière de sécurité dès le départ en appliquant des stratégies telles que le cryptage des données et la prévention de l'accès public aux réseaux pour l'ensemble d'un compartiment. Une zone de sécurité est associée à un compartiment du même nom et inclut des stratégies de zone de sécurité ou une "recette" qui s'applique au compartiment et à ses sous-compartiments. Vous ne pouvez pas ajouter ou déplacer un compartiment standard vers un compartiment de zone de sécurité.

- Vulnerability Scanning Service

Oracle Cloud Infrastructure Vulnerability Scanning Service permet d'améliorer l'état de la sécurité dans Oracle Cloud en examinant régulièrement les ports et les hôtes à la recherche de vulnérabilités potentielles. Le service génère des rapports avec des mesures et des détails concernant ces vulnérabilités.

- Service Bastion

Oracle Cloud Infrastructure Bastion fournit un accès sécurisé limité et limité dans le temps aux ressources qui ne disposent pas d'adresses publiques et qui nécessitent des contrôles d'accès aux ressources stricts, tels que Bare Metal et machines virtuelles, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) et toute autre ressource qui autorise l'accès SSH (Secure Shell Protocol). Avec le service Oracle Cloud Infrastructure Bastion, vous pouvez activer l'accès aux hôtes privés sans déployer ni gérer d'hôte de saut. En outre, vous bénéficiez d'une sécurité améliorée grâce à des droits d'accès basés sur l'identité et à une session SSH centralisée, auditée et limitée dans le temps. Le bastion Oracle Cloud Infrastructure élimine le besoin d'une adresse IP publique pour l'accès au bastion, ce qui élimine les tracas et la surface d'attaque potentielle lors de l'accès à distance.

- Stockage d'objet

Le stockage d'objets fournit un accès rapide à de grandes quantités de données, structurées ou non, de tout type de contenu, y compris des sauvegardes de base de données, des données analytiques et du contenu enrichi tel que des images et des vidéos. Vous pouvez stocker les données, puis les extraire directement à partir d'Internet ou de la plate-forme cloud, et ce, en toute sécurité. Vous pouvez redimensionner le stockage sans dégradation des performances ni de la fiabilité des services. Utilisez le stockage standard pour le stockage "à chaud" auquel vous devez accéder rapidement, immédiatement et fréquemment. Utilisez le stockage d'archive pour le stockage "à froid" que vous conservez pendant de longues périodes et auquel vous accédez rarement.

- Container Engine for Kubernetes

Oracle Cloud Infrastructure Container Engine for Kubernetes (OKE) est un service entièrement géré, évolutif et hautement disponible que vous pouvez utiliser pour déployer vos applications en conteneur vers le cloud. Indiquez les ressources de calcul dont vos applications ont besoin et Container Engine for Kubernetes les provisionne sur Oracle Cloud Infrastructure dans une location existante. Container Engine for Kubernetes utilise Kubernetes pour automatiser le déploiement, le redimensionnement et la gestion des applications en conteneur sur des clusters d'hôtes.

- Compute

Le service Oracle Cloud Infrastructure Compute vous permet de provisionner et de gérer des hôtes de calcul dans le cloud. Vous pouvez lancer des instances de calcul avec des formes qui répondent à vos besoins en ressources en matière de CPU, de mémoire, de bande passante réseau et de stockage. Après avoir créé une instance de calcul, vous pouvez y accéder en toute sécurité, la redémarrer, attacher et détacher des volumes, et y mettre fin lorsque vous n'en avez plus besoin.

- Base de données autonome

Les bases de données autonomes Oracle Cloud Infrastructure sont des environnements de base de données préconfigurés et entièrement gérés que vous pouvez utiliser pour le traitement des transactions et les charges de travail d'entreposage de données. Il n'est pas nécessaire de configurer ou de gérer du matériel, ni d'installer un logiciel. Oracle Cloud Infrastructure gère la création, la sauvegarde, la mise à niveau et le réglage de la base de données, ainsi que l'application de patches à la base de données.

- Exadata Database on Dedicated Infrastructure

Exadata Cloud Infrastructure permet d'exploiter toute la puissance d'Exadata dans le cloud. Vous pouvez provisionner des systèmes X8M et X9M flexibles qui vous permettent d'ajouter des serveurs de stockage et des serveurs de calcul de base de données aux systèmes en fonction de l'évolution de vos besoins. Les systèmes X8M et X9M offrent des fonctions de réseau RoCE (RDMA over Converged Ethernet) pour assurer une bande passante élevée et une faible latence, des modules de mémoire persistante (PMEM) et le logiciel Exadata intelligent. Les systèmes X8M et X9M peuvent être provisionnés à l'aide d'une forme équivalente à un système X8 ou X9M en quart de rack. Vous pouvez ajouter des serveurs de base de données et de stockage à tout moment après le provisionnement.

- Oracle Base Database Service

Oracle Base Database Service vous permet de garder un contrôle absolu sur vos données tout en utilisant les fonctionnalités combinées d'Oracle Database et d'Oracle Cloud Infrastructure. Oracle Base Database Service fournit des systèmes de base de données sur des machines virtuelles. Ils sont disponibles en tant que systèmes de base de données à noeud unique et RAC sur plusieurs noeuds sur Oracle Cloud Infrastructure (OCI).

- Stockage de fichier

Le service Oracle Cloud Infrastructure File Storage offre un système de fichiers réseau durable, évolutif, sécurisé et adapté à l'entreprise. Vous pouvez vous connecter à un système de fichiers du service File Storage à partir de n'importe quelle instance Bare Metal, de machine virtuelle ou de conteneur dans un VCN. Vous pouvez également accéder à un système de fichiers en dehors du VCN à l'aide d'Oracle Cloud Infrastructure FastConnect et du VPN IPSec.

Recommandations

- Compartiment Observability and Management pour les données de mesure

- Créez un compartiment Oracle Cloud Observability and Management Platform dédié sous la location (compartiment racine).

- Stockez toutes les ressources personnalisées liées aux mesures, telles que les espaces de noms de mesure des services avancés Oracle Cloud Observability and Management Platform, les mesures pour Stack Monitoring, Database Management Service, Operations Insights, ainsi que les mesures personnalisées définies par l'utilisateur, les alarmes et les notifications dans le compartiment Oracle Cloud Observability and Management Platform.

- Définissez des stratégies pour accorder l'accès approprié en lecture et en écriture aux équipes concernées, en veillant à ce qu'elles puissent accéder aux données de mesure et aux espaces de noms de mesure tout en adhérant au principal de privilège minimal. Par exemple, l'équipe d'administration Observability and Management dispose de droits d'accès en gestion sur les données de mesure du compartiment Observability and Management, tandis que les équipes DBA et Application disposent de droits d'accès en lecture ou en utilisation sur les mesures du compartiment Observability and Management.

- Compartiment Oracle Cloud Observability and Management Platform pour les données de journal

- Utilisez les compartiments des ressources cloud existants pour stocker les données de journal des ressources cloud et permettre à chaque équipe de support technique ou unité opérationnelle d'accéder à leurs propres données de journal.

- Créez des groupes de journaux Logging et Logging Analytics dans le même compartiment que les ressources cloud.

- Stockez toutes les ressources liées aux journaux, y compris les groupes de journaux Logging Analytics, les entités de journal, les recherches enregistrées, les tableaux de bord et les stratégies de conservation, dans ces compartiments.

- Définissez des stratégies d'accès strictes pour garantir que chaque équipe peut accéder à ses propres journaux tout en limitant l'accès aux données des journaux d'autres équipes.

- Définissez des compartiments de journal dans le compartiment réseau, le compartiment de sécurité, le compartiment d'application et le compartiment de base de données, respectivement.

Points à prendre en compte

Lors de l'implémentation de cette architecture de référence, tenez compte de ces options.

- Conception de la hiérarchie de compartiments associée à Oracle Cloud Observability and Management PlatformLa conception de la hiérarchie de compartiments associée à Oracle Cloud Observability and Management Platform permet aux équipes d'exploitation et d'ingénierie de simplifier les opérations cloud tout en maintenant une gouvernance et une sécurité cloud appropriées. Deux données distinctes liées à la surveillance et à la journalisation dans OCI :

- Données de mesure : points de données agrégés tels que des mesures de disponibilité et de performances complètes collectées par des services avancés d'observabilité et de gestion à partir de ressources cloud.

- Données de journalisation : les données de journal brutes provenant de l'hôte, de la base de données, du middleware ou de l'application, telles que syslog, les journaux d'alertes de base de données et les données de journal brutes peuvent contenir des données sensibles.

- Nature des données de journal qui peuvent contenir des informations sensibles d'espace de noms d'application ou d'utilisateur.

- Le périmètre de sécurité des données de journal doit être défini dans le même compartiment que les ressources cloud.

- L'équipe de support ou l'unité opérationnelle qui a besoin d'accéder aux données de journal doit disposer du même niveau d'accès aux ressources cloud et à la configuration sous-jacente.

- Autres ressources Oracle Cloud Observability and Management Platform dans OCI

- Mesures de service : les ressources cloud OCI fournissent des mesures de service de base par défaut dans le service OCI Monitoring. Les mesures de service prêtes à l'emploi sont stockées dans les espaces de noms de mesure désignés, dans le même compartiment que les ressources cloud. Les mesures de service de ressources cloud sont gratuites et vous ne pouvez pas modifier le compartiment des mesures de service.

- La source de journal Logging Analytics, les analyseurs et les champs sont des ressources de niveau location qui seront associées à la location (compartiment racine).

- Les journaux générés par les ressources de compartiment Oracle Cloud Observability and Management Platform pour les diagnostics tels que les journaux d'agent de gestion et de connecteur de service doivent être stockés dans le compartiment Oracle Cloud Observability and Management Platform.

En savoir plus

Consultez ces solutions supplémentaires pour en savoir plus sur les fonctionnalités de cette architecture de référence.

- Meilleures pratiques pour les compartiments

- Surveillance de la pile OCI

- Concepts et termes d'OCI Logging Analytics

- Service OCI Database Management

- Service OCI Operations Insights

- Oracle Management Agent - Détails techniques

- Détails techniques de l'agent de surveillance unifié

- Structure des meilleures pratiques pour Oracle Cloud Infrastructure

- Documentation Oracle Cloud Infrastructure

- Estimateur de coût Oracle Cloud