Configura integrazione tra Oracle Access Governance e Oracle Cloud Infrastructure (OCI)

Puoi stabilire una connessione tra Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) e Oracle Access Governance come origine affidabile e come sistema gestito. A tale scopo, utilizzare la funzionalità Sistemi orchestrati disponibile nella console di Oracle Access Governance.

Il sistema orchestrato OCI supporta le seguenti modalità ed entrambe incluse, per impostazione predefinita:

- Origine autorevole: è possibile utilizzare OCI come origine autorevole (di fiducia) di informazioni sull'identità per Oracle Access Governance.

- Sistema gestito: è possibile gestire i gruppi e i ruoli applicazione IAM OCI, inclusa la certificazione dei criteri e dell'appartenenza ai gruppi utilizzando Oracle Access Governance. Consulta Operations supportate per Oracle Cloud Infrastructure (OCI).

Le release precedenti di Oracle Access Governance hanno utilizzato API Key Access per connettersi a OCI IAM. Questo metodo non è più valido ed è stato sostituito da Accesso principal risorsa. I dettagli su come impostare un nuovo sistema orchestrato utilizzando questo metodo sono disponibili in Configure Integration with OCI IAM. Se si dispone di sistemi orchestrati esistenti che utilizzano l'accesso chiave API non più valido, eseguire la migrazione al nuovo metodo seguendo le istruzioni riportate in Come eseguire la migrazione dell'accesso chiave API all'accesso principal risorsa.

Terminologia

Prima di configurare l'integrazione di Oracle Access Governance con OCI IAM, è necessario comprendere i termini seguenti:

| Durata | Descrizione |

|---|---|

| Sistema orchestrato OCI | Rappresenta una tenancy OCI integrata con Oracle Access Governance. |

| Richiesta di tenancy | Tenancy dell'istanza di Oracle Access Governance Service che deve accedere all'API IAM OCI nella stessa tenancy o in una tenancy diversa per recuperare/aggiornare le entità IAM gestite. |

| Tenancy con risposta | Tenancy del cliente in cui sono presenti i dati di identità IAM OCI. |

| Accesso intra-tenant | Caso d'uso quando si dispone di una singola tenancy OCI che funge da Richiedente e Rispondente. |

| Accesso tra tenant | Caso d'uso quando si dispone di più tenancy OCI e la tenancy richiedente è un'istanza separata dalla tenancy con risposta. |

| Principal risorsa | Tipo di principal in IAM OCI che elimina la necessità di creare e gestire le credenziali utente OCI per l'accesso all'integrazione. |

Requisiti indispensabili

Prima di stabilire una connessione, è necessario creare criteri OCI che consentano al sistema orchestrato di accedere all'istanza OCI con cui si desidera eseguire l'integrazione.

Requisiti generali

I prerequisiti generali necessari per integrare Oracle Access Governance con OCI IAM includono:

- L'account cloud deve utilizzare i domini di Identity per gestire le identità in OCI.

- L'amministratore cloud deve essere in grado di gestire i criteri nel compartimento radice della tenancy.

- Se la tenancy OCI rispondente gestita è esterna all'area dell'istanza di Oracle Access Governance Service richiedente, deve sottoscrivere una tenancy che risiede nell'area dell'istanza di Oracle Access Governance Service richiedente.

Modalità di connessione di Oracle Access Governance con le istanze IAM OCI di destinazione

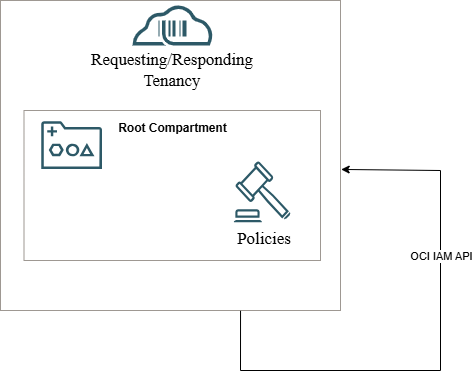

Per integrare Oracle Access Governance con i sistemi orchestrati IAM OCI, è necessario configurare una connessione utilizzando l'autenticazione API e principal risorsa IAM OCI. Il principal risorsa è un tipo di principal in IAM OCI che elimina la necessità di creare e gestire le credenziali utente OCI per l'accesso all'integrazione. Per configurare l'autenticazione del principal risorsa, è necessario generare e distribuire un set di criteri nella tenancy o nelle tenancy coinvolte nel sistema orchestrato. Il posizionamento di queste politiche è spiegato nei seguenti diagrammi:

Posizionamento dei criteri nel caso in cui l'istanza del servizio Oracle Access Governance (richiedente) e la tenancy OCI (rispondente) siano governate si trovino nella stessa tenancy

- Tenancy host in cui risiede l'istanza di Oracle Access Governance Service. Questa è la tenancy richiedente che deve accedere all'API IAM OCI da una tenancy rispondente, in modo che i dati possano essere recuperati/aggiornati per le identità che vengono gestite.

- Tenancy in cui sono presenti i dati di identità IAM OCI.

In questo caso d'uso è necessario distribuire i criteri generati solo a una tenancy. Coprirà l'accesso necessario per la tenancy sia come richiedente che come rispondente.

Posizionamento dei criteri nel caso in cui l'istanza del servizio Oracle Access Governance (richiedente) e la tenancy OCI (rispondente) siano governate si trovino in tenancy diverse

- I criteri relativi alla tenancy richiedente devono essere distribuiti in OCI in cui risiede l'istanza di Oracle Access Governance Service.

- I criteri pertinenti alla tenancy che risponde devono essere distribuiti alla tenancy in cui sono presenti i dati di identità IAM OCI.

Come impostare i criteri richiesti per l'integrazione di IAM OCI con Oracle Access Governance

Prima di poter stabilire una connessione, è necessario creare criteri OCI che consentano al sistema orchestrato di accedere al sistema di destinazione.

- Ottenere le istruzioni dei criteri generate nelle impostazioni di integrazione del sistema orchestrato. A seconda del caso d'uso, questo può essere un singolo set di istruzioni per l'integrazione di una tenancy singola o due set di istruzioni per l'impostazione di un'istanza di servizio AG/tenancy esterna. I criteri per la configurazione specifica vengono generati in base alle informazioni fornite durante la creazione del sistema orchestrato, i cui dettagli vengono forniti nella finestra di dialogo Configura integrazione con OCI IAM per le impostazioni di integrazione. Assicurarsi di copiare le istruzioni esattamente come vengono visualizzate nelle impostazioni di integrazione.

- Creare i criteri nel compartimento radice della tenancy pertinente.

Configura integrazione con OCI IAM

L'integrazione con Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) viene ottenuta configurando un nuovo sistema orchestrato con la console di Oracle Access Governance.

Passa alla pagina Sistemi orchestrati

- Dall'icona

del menu di navigazione di Oracle Access Governance selezionare Amministrazione servizi → Sistemi orchestrati.

del menu di navigazione di Oracle Access Governance selezionare Amministrazione servizi → Sistemi orchestrati. - Selezionare il pulsante Aggiungi un sistema orchestrato per avviare il workflow.

Seleziona sistema

Nel passo Seleziona sistema del workflow, è possibile specificare il tipo di applicazione da inserire.

- Seleziona Oracle Cloud Infrastructure.

- Fare clic su Avanti.

Immettere i dettagli

- Inserire il nome del sistema a cui si desidera eseguire la connessione nel campo Chiamare il sistema.

- Inserire una descrizione per il sistema nel campo Come si desidera descrivere il sistema?.

- Fare clic su Avanti.

Aggiungi proprietari

Quando si imposta il primo sistema orchestrato per l'istanza del servizio, è possibile assegnare i proprietari solo dopo aver abilitato le identità dalla sezione Gestisci identità.

- Selezionare un utente attivo di Oracle Access Governance come proprietario principale nel campo Chi è il proprietario principale?.

- Selezionare uno o più proprietari aggiuntivi nell'elenco Chi altro lo possiede?. È possibile aggiungere fino a 20 proprietari aggiuntivi per la risorsa.

Impostazioni account

- Quando viene richiesta un'autorizzazione e l'account non esiste già, selezionare questa opzione per creare nuovi account. Questa opzione è selezionata per impostazione predefinita. Quando questa opzione è selezionata, Oracle Access Governance crea un account se non ne esiste uno quando viene richiesta un'autorizzazione. Se si deseleziona questa opzione, viene eseguito il provisioning delle autorizzazioni solo per gli account esistenti nel sistema orchestrato. Se non esiste alcun account, l'operazione di provisioning non riesce.

- Selezionare i destinatari dei messaggi di posta elettronica di notifica quando viene creato un account. Il destinatario predefinito è Utente. Se non viene selezionato alcun destinatario, le notifiche non vengono inviate quando vengono creati gli account.

- Utente

- Responsabile utenti

- Configura account esistentiNota

È possibile impostare queste configurazioni solo se consentito dall'amministratore di sistema. Quando le impostazioni di cessazione dell'account globale sono abilitate, gli amministratori dell'applicazione non possono gestire le impostazioni di cessazione dell'account a livello di sistema orchestrato.- Selezionare le azioni da eseguire con i conti all'inizio della cessazione anticipata: scegliere l'azione da eseguire all'inizio di una cessazione anticipata. Ciò si verifica quando è necessario revocare gli accessi di identità prima della data di cessazione ufficiale.

- Elimina: elimina tutti gli account e le autorizzazioni gestiti da Oracle Access Governance.Nota

Se un sistema orchestrato specifico non supporta l'azione, non viene eseguita alcuna azione. - Disabilita: disabilita tutti gli account e disabilita le autorizzazioni gestite da Oracle Access Governance.

- Eliminare le autorizzazioni per gli account disabilitati: per garantire zero accessi residui, selezionare questa opzione per eliminare le autorizzazioni assegnate direttamente e le autorizzazioni concesse dai criteri durante la disabilitazione dell'account.

- Nessuna azione: non viene eseguita alcuna azione quando un'identità viene contrassegnata per l'interruzione anticipata da Oracle Access Governance.

- Elimina: elimina tutti gli account e le autorizzazioni gestiti da Oracle Access Governance.

- Selezionare le azioni da eseguire con i conti alla data di cessazione: selezionare l'azione da eseguire durante la cessazione ufficiale. Ciò si verifica quando è necessario revocare gli accessi di identità alla data di cessazione ufficiale.

- Elimina: elimina tutti gli account e le autorizzazioni gestiti da Oracle Access Governance.Nota

Se un sistema orchestrato specifico non supporta l'azione Elimina, non viene eseguita alcuna azione. - Disabilita: disabilita tutti gli account e disabilita le autorizzazioni gestite da Oracle Access Governance.

- Eliminare le autorizzazioni per gli account disabilitati: per garantire zero accessi residui, selezionare questa opzione per eliminare le autorizzazioni assegnate direttamente e le autorizzazioni concesse dai criteri durante la disabilitazione dell'account.

Nota

Se un sistema orchestrato specifico non supporta l'azione Disabilita, l'account viene eliminato. - Nessuna azione: Oracle Access Governance non esegue alcuna azione sugli account e sulle autorizzazioni.

- Elimina: elimina tutti gli account e le autorizzazioni gestiti da Oracle Access Governance.

- Selezionare le azioni da eseguire con i conti all'inizio della cessazione anticipata: scegliere l'azione da eseguire all'inizio di una cessazione anticipata. Ciò si verifica quando è necessario revocare gli accessi di identità prima della data di cessazione ufficiale.

- Quando un'identità lascia l'azienda, è necessario rimuovere l'accesso ai propri account. Nota

È possibile impostare queste configurazioni solo se consentito dall'amministratore di sistema. Quando le impostazioni di cessazione dell'account globale sono abilitate, gli amministratori dell'applicazione non possono gestire le impostazioni di cessazione dell'account a livello di sistema orchestrato.Selezionare una delle azioni seguenti per l'account:

- Elimina: consente di eliminare tutti gli account e le autorizzazioni gestiti da Oracle Access Governance.

- Disabilita: disabilita tutti gli account e contrassegna le autorizzazioni come inattive.

- Eliminare le autorizzazioni per gli account disabilitati: eliminare le autorizzazioni assegnate direttamente e concesse dai criteri durante la disabilitazione dell'account per garantire zero accessi residui.

- Nessuna azione: non eseguire alcuna azione quando un'identità lascia l'organizzazione.

Nota

Queste azioni sono disponibili solo se supportate dal tipo di sistema orchestrato. Ad esempio, se Elimina non è supportato, verranno visualizzate solo le opzioni Disabilita e Nessuna azione. - Quando vengono rimosse tutte le autorizzazioni per un account, ad esempio quando un'identità si sposta tra i reparti, potrebbe essere necessario decidere cosa fare con l'account. Selezionare una delle seguenti azioni, se supportata dal tipo di sistema orchestrato:

- Elimina

- Disabilita

- Nessuna azione

- Gestisci account non creati da Access Governance: selezionare questa opzione per gestire gli account creati direttamente nel sistema orchestrato. Ciò consente di riconciliare i conti esistenti e di gestirli da Oracle Access Governance.

- Non consentire agli utenti di eseguire reimpostazioni delle password: selezionare questa opzione per impedire agli utenti di reimpostare le password per il sistema orchestrato. Se il sistema orchestrato non supporta l'operazione di modifica della password, le reimpostazioni della password non sono disponibili e viene visualizzato un messaggio.

Se non si configura il sistema come sistema gestito, questo passo del workflow verrà visualizzato ma non è abilitato. In questo caso si passa direttamente al passo Impostazioni di integrazione del workflow.

Se il sistema orchestrato richiede la ricerca automatica dinamica degli schemi, come per le integrazioni delle tabelle applicazioni REST e di database generiche, è possibile impostare solo la destinazione e-mail di notifica (Utente, Usermanager) durante la creazione del sistema orchestrato. Impossibile impostare le regole di disabilitazione/eliminazione per movers e leavers. A tale scopo, è necessario creare il sistema orchestrato, quindi aggiornare le impostazioni dell'account come descritto in Configura impostazioni account di sistema orchestrato.

Impostazioni di integrazione

Nel passo Impostazioni di integrazione del workflow, immettere i dettagli di configurazione necessari per consentire a Oracle Access Governance di connettersi al sistema.

- Immettere le impostazioni della configurazione riportate di seguito.

Campo Descrizione Che cos'è l'OCID della tenancy OCI in fase di integrazione? Immettere l'OCID per la tenancy che risponde. Per ulteriori informazioni sugli OCID, vedere Identificativo Oracle Cloud, Sintassi degli OCID e Dove ottenere l'OCID della tenancy e l'OCID dell'utente. Nota

Utilizzare una tenancy univoca per ciascun sistema orchestrato.Qual è l'area di origine della tenancy OCI? Immettere l'area di origine per la tenancy OCI di destinazione, utilizzando l'identificativo dell'area. L'identificativo dell'area per l'area di origine è disponibile in Aree, mentre l'identificativo per US East (Ashburn) è us-ashburn-1. Vedere Area di origine e Come trovare l'area di origine della tenancy.Includi tutti i domini come origine affidabile Selezionare la casella di controllo per includere tutti i domini disponibili come origine sicura dei dati di identità e degli attributi di identità. Quali nomi di dominio devono essere inclusi come origine autorevole? Selezionare i domini che devono fungere da origine sicura dei dati di identità e degli attributi di identità. Includi tutti i domini durante la gestione delle autorizzazioni Selezionare la casella di controllo per includere tutti i domini per il provisioning e la gestione degli account. Per quali nomi di dominio dobbiamo gestire le autorizzazioni? Selezionare i domini per i quali si desidera gestire le autorizzazioni ed eseguire le operazioni di provisioning. Escludere risorse e criteri dal caricamento dati? Selezionare questa opzione per includere solo account e autorizzazioni (gruppi e ruoli). Ciò non comporta l'inclusione di risorse e criteri e non è possibile gestirli da Oracle Access Governance. Nota

Non sarà possibile visualizzare alcun criterio o risorsa associato a un'identità nella pagina Browser a livello aziendale.Criteri OCI richiesti? Copiare le istruzioni esatte nel compartimento root della tenancy pertinente. Ulteriori dettagli sui criteri richiesti sono disponibili in Modalità di connessione di Oracle Access Governance con le istanze IAM OCI di destinazione. Vedere Gestione dei criteri per applicare i criteri alla tenancy. - Fare clic su Aggiungi.

Termina

- Personalizzare prima di abilitare il sistema per i caricamenti dati

- Attivare e preparare il caricamento dati con le impostazioni predefinite fornite

Come eseguire la migrazione dell'accesso chiave API all'accesso principal risorsa

Se disponi di sistemi orchestrati OCI esistenti che utilizzano il metodo di accesso alla chiave API per la connessione, dovresti eseguire la migrazione al metodo di accesso al principal risorsa non appena possibile. Sebbene il metodo di accesso alla chiave API continui a funzionare, non è possibile apportare modifiche alla configurazione esistente. Il metodo di accesso alla chiave API non sarà più valido nel tempo e il principal risorsa è il metodo richiesto per andare avanti.

- Passare alla pagina Impostazioni integrazione seguendo le istruzioni fornite in Configura impostazioni integrazione sistema orchestrato.

- Nella pagina Impostazioni di integrazione verrà visualizzato un avviso di non validità se il sistema orchestrato utilizza il metodo di accesso Chiave API. Per avviare il processo di migrazione, fare clic sul pulsante Ulteriori informazioni sulla migrazione. I criteri necessari per aggiornare le tenancy OCI per utilizzare l'accesso al principal risorsa verranno visualizzati e devono essere copiati e applicati esattamente come generati. Ulteriori dettagli sui criteri richiesti sono disponibili in Modalità di connessione di Oracle Access Governance con le istanze IAM OCI di destinazione. Vedere Gestione dei criteri per i dettagli su come applicare i criteri alla tenancy.

- Dopo aver applicato i criteri, fare clic sul pulsante Test integrazione per controllare la connessione. In caso di errori o messaggi, rivedere la configurazione. Non sarà possibile completare la migrazione finché il test non avrà esito positivo.

- Se la connessione è stata confermata, fare clic sul pulsante Esegui migrazione per avviare la migrazione.

- Al termine della migrazione, verrà visualizzato un messaggio che conferma che l'integrazione sta ora utilizzando il metodo di accesso richiesto.

Una volta completata la migrazione al metodo Principal risorsa, non è possibile annullare la procedura e ripristinare il metodo Chiavi API nel sistema orchestrato.

Modalità di configurazione supportate per OCI IAM

Le integrazioni di Oracle Access Governance possono essere impostate in diverse modalità di configurazione a seconda delle esigenze di inserimento dei dati di identità e degli account di provisioning.

-

Origine autorevole

In Oracle Access Governance puoi scegliere i domini IAM OCI come origine sicura dei dati di identità e degli attributi di identità. I domini selezionati come origine affidabile verranno utilizzati per la creazione di un profilo di identità composto. Per ulteriori dettagli, vedere Gestisci attributi identità.

-

Sistema gestito

È possibile gestire account OCI, gruppi IAM, ruoli applicazione, criteri e risorse da Oracle Access Governance. I domini selezionati come sistemi gestiti verranno utilizzati solo per le attività di provisioning, ad esempio la gestione del ciclo di vita delle identità, l'esecuzione delle revisioni degli accessi, l'impostazione dei controlli dell'accesso e così via.

Operazioni supportate per OCI

Il sistema orchestrato di Oracle Cloud Infrastructure supporta le operazioni degli account riportate di seguito durante il provisioning di un'identità.

- Configura sistema orchestrato

Vedere Configura integrazione con OCI.

-

Carica dati

Includi gli account che possono essere gestiti da Oracle Access Governance.

-

Confronta attributi identità e account mediante regole di correlazione

Rivedere o configurare le regole di corrispondenza in modo che corrispondano ai dati di identità e account e creare un profilo di identità composto. Per visualizzare la regola di corrispondenza predefinita per questo sistema orchestrato, vedere Regole di corrispondenza predefinite.

-

Creare l'account

Includi i dati dell'account dal sistema orchestrato o richiedi l'accesso per un'identità. Ciò consente di fornire i diritti.

-

Elimina account

Eliminare un account associato a un'identità. In questo modo viene rimosso l'accesso per l'account. Il workflow di eliminazione viene attivato anche quando l'attributo di identità

statusincluso da un'origine autorevole è impostato su nullo. Per ulteriori dettagli, vedere Gestisci attributi identità. - Aggiornare i dettagli dell'account mediante l'assegnazione o la rimozione delle autorizzazioni.

- Assegna gruppi IAM OCI

- Rimuovi gruppi IAM OCI

- Assegna ruoli applicazione

- Rimuovi ruoli applicazione

Modifica funzionalità utente con il profilo account OCI

Configurare il profilo account per OCI IAM - Sistema gestito per modificare le funzionalità utente dalla console di Oracle Access Governance. È possibile impostare funzionalità quali chiavi API, token di autenticazione, credenziali SMTP, chiavi segrete dei clienti, credenziali client OAuth 2.0 e password del database.

È possibile modificare le funzionalità utente durante la creazione dell'account o un evento di aggiornamento dell'account. A tale scopo, procedere come segue.

- Crea profili account: impostare innanzitutto il profilo account necessario per eseguire il provisioning degli utenti da Oracle Access Governance al dominio IAM OCI impostato come sistema gestito. Fare riferimento alla sezione Impostazione dei profili dei conti in Oracle Access Governance.

- Configurare gli attributi account delle funzionalità utente nel profilo account.

- Creare un bundle accessi per il sistema orchestrato IAM OCI e associare il profilo account. Vedere Crea bundle accessi.

- Richiedi un'autorichiesta o richiedi l'accesso per un'altra identità. Vedere Richiedi accesso a una risorsa.

-

Dopo l'approvazione, verificare le modifiche nel log attività:

- Per l'attività Crea o Aggiorna account, selezionare Visualizza dettagli.

- Nella sezione Dati account è possibile visualizzare le funzionalità utente di cui è stato eseguito il provisioning in base al profilo account configurato.

Regole di corrispondenza predefinite

Per mappare gli account alle identità in Oracle Access Governance, è necessario disporre di una regola di corrispondenza per ogni sistema orchestrato.

La regola di corrispondenza predefinita per il sistema orchestrato IAM OCI è la seguente:

| Modalità | Regola di corrispondenza predefinita |

|---|---|

|

Corrispondenza identità

Verifica la corrispondenza delle identità se le identità in entrata corrispondono a quelle esistenti o nuove. |

Valore schermata:

|

|

Corrispondenza account

Verifica della corrispondenza degli account se gli account in entrata corrispondono alle identità esistenti. |

Valore schermata:

|

Panoramica funzionale: casi d'uso supportati per l'integrazione OCI

L'integrazione OCI IAM supporta la gestione degli account OCI da Oracle Access Governance:

Esempi di provisioning casi d'uso

Provisioning gruppi - Assegna gruppi a utenti

Assegna più gruppi IAM OCI per un dominio OCI da Oracle Access Governance. Ad esempio, puoi eseguire il provisioning degli sviluppatori che lavorano su più progetti in diverse risorse IAM OCI, ogni gruppo associato a risorse specifiche.

- Creare un bundle accessi per il sistema orchestrato OCI e selezionare i gruppi IAM OCI disponibili nel dominio. Per informazioni dettagliate, vedere Crea bundle accessi.

- Per assegnare gli utenti in OCI con i gruppi OCI:

- Creare un criterio Oracle Access Governance e associare i gruppi della parte del bundle di accesso alla raccolta di identità in tale criterio. Per informazioni dettagliate, vedere Gestisci criteri e Crea raccolte di identità.

- È inoltre possibile richiedere bundle o ruoli di accesso direttamente inviando una richiesta ai flussi self-service. Per i dettagli, vedere Richiedi accesso.

Certifica le revisioni degli accessi alle identità per i gruppi concessi tramite la richiesta di accesso da parte di Oracle Access Governance. Per ulteriori informazioni, consulta la sezione relativa al sistema idoneo Oracle Cloud Infrastructure.

Provisioning ruoli applicazione - Assegna ruoli

Utilizzando Oracle Access Governance, puoi eseguire il provisioning dei ruoli applicazione OCI nelle identità OCI per i servizi in esecuzione in un dominio OCI. È anche possibile utilizzarlo per eseguire il provisioning dei ruoli di Oracle Access Governance ad altre identità. Ad esempio, è possibile raggruppare i ruoli dell'applicazione Oracle Access Governance pertinenti ed eseguire il provisioning del bundle di accesso a un gruppo di esperti IAM.- Creare un bundle accessi per il sistema orchestrato OCI e selezionare i ruoli applicazione per i servizi disponibili nel dominio. Per informazioni dettagliate, vedere Crea bundle accessi.

- Per assegnare utenti in OCI con ruoli applicazione, effettuare le operazioni riportate di seguito.

- Creare un criterio Oracle Access Governance. Associare i bundle di accesso che comprendono ruoli applicazione a una raccolta di identità in tale criterio. Per informazioni dettagliate, vedere Gestisci criteri e Crea raccolte di identità.

- È inoltre possibile richiedere direttamente questo ruolo o bundle accessi inviando una richiesta ai flussi self-service. Per i dettagli, vedere Richiedi accesso.

È possibile certificare ulteriormente le revisioni degli accessi alle identità per i ruoli concessi tramite richiesta di accesso da Oracle Access Governance. Per ulteriori informazioni, consulta la sezione relativa al sistema idoneo Oracle Cloud Infrastructure.

Recensioni dei criteri OCI: revoca istruzioni dei criteri con privilegi eccessivi dai criteri OCI

Utilizzando Oracle Access Governance, puoi certificare i criteri OCI creando campagne di revisione dei criteri su richiesta da Oracle Access Governance Console. Ad esempio, è possibile eseguire revisioni trimestrali sulla rete e sui criteri di storage definiti della tenancy per valutare se soddisfano il principio del privilegio minimo e i requisiti normativi applicabili.

Creare una campagna di revisione dei criteri per i criteri OCI. In base agli approfondimenti e ai suggerimenti prescrittivi, i revisori possono prendere decisioni informate per approvare o rifiutare l'intero criterio contemporaneamente oppure prendere la decisione di approvare o rifiutare un'istruzione di criterio specifica in tale criterio.

Per ulteriori informazioni, vedere Rivedi l'accesso ai sistemi gestiti da Oracle Cloud Infrastructure (OCI) e Crea campagne di revisione dei criteri.

Revisioni appartenenza a gruppi: accettazione o revoca dell'accesso alla membership dal gruppo IAM OCI

Utilizzando Oracle Access Governance, puoi certificare l'appartenenza per i gruppi IAM OCI creando campagne di revisione della raccolta delle identità su richiesta. Ad esempio, è possibile eseguire revisioni dell'appartenenza ai gruppi per certificare che solo i membri idonei fanno parte del gruppo Amministratore database, gestendo e gestendo l'infrastruttura di database per il progetto. A questo gruppo non deve essere associata un'identità con il ruolo Analista vendite.

Creare una campagna di revisione della raccolta di identità per i gruppi IAM OCI. In base agli approfondimenti e ai suggerimenti prescrittivi, i revisori possono prendere decisioni informate per i membri Approva o Revoca del gruppo. Se scegli di esaminare i gruppi IAM OCI e contiene alcuni membri di cui è stato eseguito il provisioning da Oracle Access Governance, con questa revisione puoi accettare o revocare solo i membri assegnati direttamente. Per i membri di cui è stato eseguito il provisioning da Oracle Access Governance, scegliere di esaminare i bundle di accesso OCI utilizzando la casella Quali autorizzazioni?. Per ulteriori informazioni, vedere Rivedi l'accesso ai sistemi gestiti da Oracle Cloud Infrastructure (OCI) e Crea campagne di revisione raccolta delle identità.