Enterprise Performance Management

Oracle Hyperion è una piattaforma Enterprise Performance Management( EPM) utilizzata dai team finance per la chiusura finanziaria, il consolidamento, la pianificazione, la definizione del budget, le previsioni e l'analisi della redditività. I moduli Hyperion di base come HFM (Hyperion Financial Management), Planning, Oracle Essbase e Financial Reporting si basano su un backend Oracle AI Database ad alta disponibilità per memorizzare metadati, dati transazionali e risultati di calcolo.

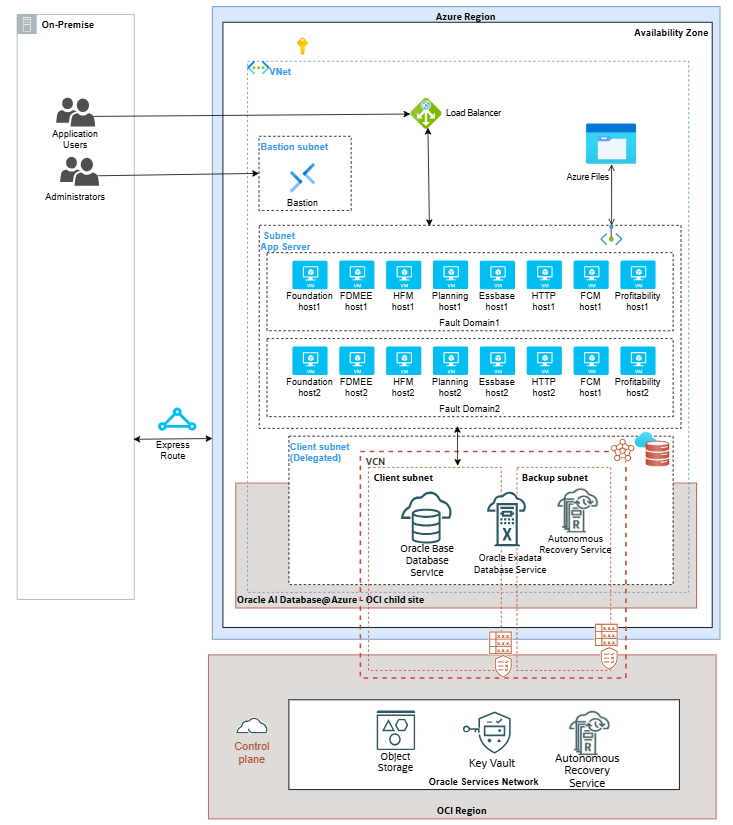

Questa documentazione descrive l'architettura di riferimento per l'esecuzione di Oracle Hyperion in Microsoft Azure, l'utilizzo di Oracle AI Database@Azure per il livello di database e le virtual machine Azure per i livelli Web, applicazione e Oracle Essbase di Hyperion. Questa architettura fornisce una configurazione a bassa latenza perché i servizi Oracle AI Database vengono distribuiti all'interno dello stesso data center di Azure, supportando prestazioni ottimali per i carichi di lavoro di chiusura finanziaria, pianificazione e consolidamento.

Al momento, Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure e Oracle Base Database Service sono supportati con Oracle AI Database@Azure. È possibile controllare la matrice di disponibilità regionale per determinare i servizi supportati in base alle aree OCI e Azure.

Questo documento è destinato agli architetti cloud, agli amministratori dell'infrastruttura e agli amministratori di Oracle Enterprise Performance Management responsabili della progettazione, della distribuzione e del funzionamento degli ambienti Hyperion. Si consiglia di familiarizzare con le applicazioni Oracle Hyperion, Oracle AI Database, Oracle Cloud Infrastructure (OCI) e Microsoft Azure.

Architettura

Questa architettura illustra la distribuzione di applicazioni Oracle Hyperion all'interno di un'unica area di Azure. Per le distribuzioni di disaster recovery (DR), è possibile implementare un'architettura simile in più aree di Azure per supportare i requisiti di business continuity. Il livello di database può essere configurato utilizzando Oracle Active Data Guard con Oracle Database@Azure. Lo stack di applicazioni Oracle Hyperion, inclusi i componenti Web, applicazione ed Essbase, può utilizzare meccanismi di sincronizzazione dei file, ad esempio rsync, per replicare gli artifact delle applicazioni, i file di configurazione e i file system condivisi in tutte le aree.

Per ulteriori informazioni sulla progettazione e l'implementazione di architetture di disaster recovery, vedere Oracle Maximum Availability Architecture per Oracle AI Database@Azure.

Questa architettura distribuisce tutti i componenti all'interno di un'unica area di Azure ed evidenzia importanti considerazioni di progettazione per Oracle Hyperion su Azure con Oracle AI Database@Azure.

Livello di rete

Questa architettura mostra una singola distribuzione di Azure region di un ambiente Oracle Hyperion progettato per garantire una connettività a bassa latenza. Il layout di rete è costituito da una rete virtuale Azure (VNet) con subnet dedicate per Azure Bastion, load balancer, server Web Oracle Hyperion, server applicazioni e livello di database.

Il livello di database utilizza Oracle AI Database@Azure, che deve essere distribuito in una subnet delegata di Azure. Il provisioning dei servizi Oracle AI Database@Azure può essere eseguito solo nelle subnet delegate assegnate a Oracle. La connettività agli ambienti on-premise può essere stabilita utilizzando Azure ExpressRoute per l'accesso privato a bassa latenza.

L'host bastion di Azure viene distribuito in una subnet con un indirizzo IP pubblico, mentre tutti gli altri componenti di Oracle Hyperion e database risiedono in subnet senza indirizzi IP pubblici. Gli indirizzi IP pubblici possono essere collegati a istanze specifiche in base ai requisiti aziendali o operativi. L'accesso sicuro alle istanze private viene fornito tramite la porta 22 (SSH) tramite Azure Bastion o tramite Azure ExpressRoute quando viene configurata la connettività diretta ai data center on premise.

I componenti dell'applicazione Oracle Hyperion vengono distribuiti in un'unica area di disponibilità per garantire una connettività a bassa latenza. Il database viene distribuito in una singola zona di disponibilità con Oracle RAC abilitato per impostazione predefinita. Per la ridondanza regionale, il database può essere distribuito in una seconda zona di disponibilità utilizzando Oracle Data Guard, fornendo alta disponibilità e disaster recovery a livello regionale.

- Quando pianifichi lo spazio degli indirizzi IP, considera i requisiti della subnet di Oracle AI Database@Azure e affronta gli scenari di consumo dello spazio.

- Pianificare attentamente la configurazione DNS, soprattutto quando si utilizzano risolutori DNS personalizzati, per supportare i requisiti di risoluzione DNS di Oracle AI Database@Azure.

- Per le architetture di disaster recovery multi-regione, prendi in considerazione modelli di connettività di rete dettagliati e instradamento tra più aree per Oracle AI Database@Azure.

- Rivedi i prerequisiti di backup e ripristino nelle fasi iniziali della progettazione per garantire il rispetto dei requisiti di accesso alla rete.

- Utilizzare i gruppi di sicurezza di rete (NSG) per limitare l'accesso alle virtual machine di database:

- Consentire l'accesso SSH (porta 22) solo tramite Azure Bastion.

- Consenti traffico database (porta 1521) esclusivamente da subnet dell'applicazione Oracle Hyperion approvate e reti on premise autorizzate.

Host bastion

Azure Bastion è un servizio completamente gestito che fornisce un punto di accesso amministrativo sicuro e controllato alla rete virtuale di Azure che ospita i carichi di lavoro Oracle Hyperion.

Azure Bastion viene distribuito in una subnet dedicata (AzureBastionSubnet) e fornisce accesso sicuro e privato alle virtual machine nelle subnet senza indirizzi IP pubblici, garantendo che non siano direttamente esposti alla rete Internet pubblica. Utilizzando Azure Bastion, l'architettura mantiene un unico punto di accesso noto che può essere monitorato e controllato centralmente, evitando al contempo la necessità di esporre indirizzi IP pubblici o aprire porte in entrata su singole virtual machine.

In questa architettura, Azure Bastion non richiede un indirizzo IP pubblico sulle virtual machine di destinazione. L'accesso amministrativo viene stabilito tramite TLS (port 443) tramite il portale di Azure o i client nativi supportati. I gruppi di sicurezza di rete nelle subnet di destinazione non richiedono regole SSH o RDP in entrata, il che riduce la superficie di attacco. L'accesso al bastion di Azure può essere limitato e gestito utilizzando il controllo dell'accesso basato sui ruoli (RBAC) di Azure e l'autenticazione di Azure Active Directory.

Azure Bastion consente agli amministratori di connettersi alle virtual machine senza indirizzo IP pubblico nelle subnet utilizzando SSH per Linux e RDP per Windows. Le connessioni vengono avviate dalla workstation locale dell'amministratore e trasmesse tramite il servizio Bastion, assicurando che le credenziali e le sessioni non siano esposte alla rete pubblica.

Centralizzando l'accesso amministrativo ed eliminando l'esposizione diretta delle VM, Azure Bastion migliora la sicurezza mantenendo l'accesso operativo ai carichi di lavoro privati.

Livello applicazione Oracle Hyperion

Tutti i componenti nel livello dell'applicazione Oracle Hyperion sono configurati per la connessione alle istanze di Oracle Database attive distribuite in Oracle Database@Azure. Il livello dell'applicazione ospita i servizi Oracle Hyperion EPM di base responsabili del consolidamento finanziario, della pianificazione, degli analytics, dell'integrazione dei dati e della gestione della chiusura finanziaria. Questi componenti sono distribuiti su più virtual machine per supportare alta disponibilità, scalabilità e sicurezza.

- Componenti di Core Hyperion EPM

- Foundation Services:

Fornisce il livello di infrastruttura condivisa per Hyperion EPM, tra cui provisioning degli utenti, sicurezza, autenticazione, gestione dei metadati e gestione del ciclo di vita. Foundation Services consente la governance centralizzata in tutte le applicazioni Hyperion.

- Hyperion Financial Management (HFM):

Applicazione basata sul Web utilizzata per il consolidamento finanziario, la generazione di report legali e l'analisi finanziaria. HFM supporta strutture di proprietà complesse, conversione di valuta, eliminazioni interaziendali e controlli di audit.

- Hyperion Planning:

Supporta budgeting aziendale, previsioni e pianificazione basata su driver. Le applicazioni di pianificazione consentono la modellazione degli scenari, le approvazioni dei flussi di lavoro e l'integrazione con le regole di calcolo per l'analisi what-if.

- Oracle Essbase:

Un server analitico multidimensionale ad alte prestazioni che consente aggregazioni, calcoli e analisi ad hoc rapide. Essbase supporta molti casi d'uso di pianificazione, previsione e reporting.

- Financial Data Quality Management, Enterprise Edition (FDMEE):

Gestisce l'integrazione dei dati e la qualità dei dati, incluso il mapping, la convalida e il caricamento dei dati finanziari dai sistemi di origine nelle applicazioni Hyperion.

- Profitability and Cost Management:

Consente l'allocazione dei costi, l'analisi della redditività e la misurazione delle prestazioni tra prodotti, clienti, canali e business unit.

- Financial Close Management (FCM):

Financial Close Management orchestra e monitora il processo di chiusura finanziaria end-to-end gestendo task, dipendenze, approvazioni e riconciliazioni. Fornisce visibilità in tempo reale sullo stato di chiusura, applica procedure di chiusura standardizzate e supporta la verificabilità tra entità e periodi di reporting.

- Gestione fiscale:

Hyperion Tax Management supporta il provisioning, la conformità e la generazione di report fiscali centralizzando i calcoli delle imposte e la raccolta dei dati. Consente alle organizzazioni di gestire le posizioni fiscali correnti e differite, rispettare i requisiti normativi e ridurre l'impegno manuale attraverso flussi di lavoro e controlli automatizzati.

- Financial Reporting:

Hyperion Financial Reporting offre rendiconti finanziari, report di gestione e divulgazioni altamente formattati e di qualità della produzione. Supporta i requisiti legali, normativi e di reporting gestionale, con definizioni di report riutilizzabili e accesso sicuro tra gli stakeholder finance.

- Foundation Services:

- Componenti Web e Application Server

- Oracle HTTP Server (OHS):

Agisce come punto di accesso Web per le applicazioni Hyperion EPM, gestendo le richieste HTTP/HTTPS in entrata e in genere gestite da un load balancer di Azure.

- Oracle WebLogic Server:

Ospita applicazioni e servizi Web Hyperion EPM, inclusi i componenti Foundation, Planning, HFM, FDMEE e Workspace. I domini WebLogic vengono comunemente distribuiti su più nodi per l'alta disponibilità.

- Oracle HTTP Server (OHS):

- Storage di file di Azure:

Viene utilizzato per ospitare file binari del software Hyperion condivisi, file di configurazione, log e artifact dell'applicazione. Un file system centralizzato può essere montato su server Web, applicazioni e Oracle Essbase Hyperion per garantire coerenza e semplificare la manutenzione del software. Si consiglia di utilizzare Azure Files Premium invece di Azure Files Standard per garantire un throughput più elevato e una latenza inferiore.

Livello database

- Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Exadata Database Service su infrastruttura Exascale

- Oracle Base Database ServiceNota

Oracle Base Database Service è consigliato solo per le istanze di sviluppo o sandbox.

Le istanze di database sono configurate per l'alta disponibilità con Oracle Real Application Clusters (RAC) abilitato. Per ottenere la ridondanza della zona di disponibilità per il database, utilizzare Oracle Active Data Guard in modalità sincrona per replicare il database nelle zone di disponibilità.

- connettività backbone di Azure mediante il peering VNet, oppure

- Connettività backbone OCI utilizzando il peering VCN con Local Peering Gateway

La porta 1521 viene utilizzata per la connettività del database e per i servizi di trasporto redo Oracle Active Data Guard, che trasmettono redo log tra database primari e in standby. Per considerazioni dettagliate sulla progettazione della rete, vedere Maximum Availability Architecture (MAA).

Backup e recupero

I backup automatici del database possono essere configurati utilizzando Oracle Autonomous Recovery Service o OCI Object Storage, a seconda del servizio di database e dei requisiti di recupero selezionati.

Cifratura dati

Per i dati in transito, i servizi Oracle AI Database@Azure sono accessibili solo tramite canali di comunicazione cifrati. Per impostazione predefinita, il client Oracle Net è configurato per utilizzare le sessioni cifrate, assicurando che tutte le connessioni al database siano protette in transito.

Oracle AI Database@Azure protegge i dati in archivio utilizzando Transparent Data Encryption (TDE), che è abilitato per impostazione predefinita senza la configurazione del cliente richiesta. TDE crittografa automaticamente file di database, redo e undo log, backup e altri dati persistenti quando scritti nello storage e decifra in modo trasparente i dati quando vi si accede da processi autorizzati. La cifratura viene gestita utilizzando un modello di chiave gerarchica, in cui una chiave di cifratura principale protegge le chiavi di tablespace che a loro volta cifrano i dati.

Oracle AI Database@Azure supporta sia le opzioni chiave gestite da Oracle che quelle gestite dal cliente per TDE. Grazie alle chiavi gestite da Oracle, le chiavi di cifratura vengono generate, memorizzate e gestite automaticamente da Oracle. Grazie alle chiavi gestite dal cliente, i clienti possono controllare a livello centrale la gestione, la rotazione e l'audit del ciclo di vita delle chiavi mediante l'integrazione con OCI Vault, Oracle Key Vault o Azure Key Vault (AKV).

Oracle Data Guard tra più aree non è supportato quando le chiavi di cifratura gestite dal cliente sono memorizzate nella chiave Azure VaultAzure Key Vault (AKV)

Migrazione a Oracle AI Database@Azure

Oracle Zero Downtime Migration (ZDM) fornisce più flussi di lavoro di migrazione per lo spostamento dei database Hyperion su Oracle AI Database@Azure.

- Migrazione fisica online:

Il flusso di lavoro della migrazione online fisica supporta le migrazioni tra le stesse versioni e piattaforme del database. Questo approccio utilizza il trasferimento diretto dei dati e il metodo di ripristino dal servizio per creare il database di destinazione, evitando l'uso dello storage di backup intermedio. Oracle Data Guard viene utilizzato per mantenere sincronizzati i database di origine e di destinazione, consentendo una migrazione con tempi di inattività minimi.

- Migrazione offline fisica:

Il flusso di lavoro della migrazione offline fisica supporta le migrazioni tra le stesse versioni e piattaforme del database. Il database di destinazione viene creato utilizzando il backup e il ripristino di Recovery Manager (RMAN). I file di Azure vengono utilizzati per fornire una condivisione di file NFS per la memorizzazione dei file di backup RMAN durante il processo di migrazione.

- Migrazione in linea logica:

Il flusso di lavoro della migrazione online logica supporta le migrazioni tra le stesse versioni e piattaforme di database o tra loro diverse. Questo flusso di lavoro utilizza l'esportazione e l'importazione di Oracle Data Pump per creare il database di destinazione. File di Azure fornisce una condivisione di file NFS per memorizzare i file di dump di Data Pump. Oracle GoldenGate viene utilizzato per sincronizzare i database di origine e di destinazione, consentendo una migrazione con tempi di inattività minimi.

- Migrazione fisica online:

Il flusso di lavoro della migrazione offline logica supporta le migrazioni tra le stesse versioni e piattaforme di database o tra loro diverse. Il database di destinazione viene creato utilizzando l'esportazione e l'importazione di Oracle Data Pump. File di Azure fornisce una condivisione di file NFS per memorizzare i file di dump di Data Pump utilizzati durante la migrazione.

Panoramica componenti

| Componente | Scopo |

|---|---|

| Oracle AI Database@Azure | Oracle AI Database@Azure fornisce Oracle Exadata Database distribuito e gestito in Azure con l'integrazione nativa di Azure. Combina le prestazioni di Oracle Exadata Database e le funzionalità di Oracle AI Database con modelli di rete, sicurezza e consumo di Azure. L'offerta include Oracle Exadata Database, Oracle Exadata Database Service on Exascale Infrastructure e Oracle Base Database Service per l'hosting del livello di database per Oracle Hyperion. |

| Load balancer di Azure | Azure Load Balancer distribuisce il traffico in entrata tra server Web o applicazioni e monitora continuamente le sonde di stato backend per inviare traffico solo a istanze in buono stato. Ciò garantisce anche la distribuzione del traffico, l'alta disponibilità e il failover automatico senza applicazione. |

| Bastion di Azure | Azure Bastion consente l'accesso RDP e SSH sicuro alle virtual machine tramite HTTPS senza richiedere indirizzi IP pubblici. Migliora la sicurezza centralizzando l'accesso amministrativo e riducendo l'esposizione alle minacce Internet in entrata. |

| Autonomous Recovery Service | Autonomous Recovery Service offre backup automatizzato, protezione continua dei dati e ripristino rapido per Oracle AI Database. Riduce la perdita e i tempi di ripristino dei dati gestendo autonomamente le operazioni di backup, convalida e ripristino. |

| Storage degli oggetti | Lo storage degli oggetti offre storage duraturo e scalabile per i dati non strutturati utilizzando un modello bucket-and-object. È in genere utilizzato per backup, archiviazione e condivisione dei dati con controlli integrati di sicurezza e ciclo di vita. |

| Vault OCI | OCI Vault fornisce la gestione centralizzata di chiavi di cifratura e segreti utilizzando gli HSM gestiti da Oracle. Offre sicurezza elevata, rotazione delle chiavi e controllo dell'accesso per proteggere i dati tra i servizi OCI. |

| File Azure | I file di Azure forniscono storage di file condiviso completamente gestito utilizzando i protocolli SMB e NFS standard. Consente alle applicazioni di accedere a condivisioni di file scalabili e ad alta disponibilità senza gestire i sistemi di storage sottostanti. |

| Vault di chiavi Azure | Azure Key Vault è un servizio gestito che fornisce storage sicuro e gestione del ciclo di vita per informazioni riservate come segreti, chiavi di cifratura e certificati utilizzati dalle applicazioni aziendali. |

Ulteriori informazioni

- Ulteriori informazioni su Oracle Enterprise Performance Management System

- Supporto per le applicazioni Hyperion in esecuzione in un ambiente multicloud (ID documento 3066767.1)