Configura

In questo argomento vengono descritti i passi necessari per stabilire una connettività sicura tra Google Cloud Virtual Private Cloud (VPC) e la rete Oracle AI Database@Google Cloud (ODB), inclusa la configurazione della risoluzione DNS. Descrive inoltre i prerequisiti di connettività per le distribuzioni cloud di Oracle AI Database@Google che eseguono Oracle Exadata Database e Exadata VM Cluster, Oracle Exascale Database e Oracle Exascale VM Cluster, Oracle Autonomous AI Database e Oracle Base Database e Oracle Base Database VM.

Casella di salto

Per connettersi alle risorse cloud di Oracle AI Database@Google configurate con indirizzi IP privati, è necessaria una virtual machine Jump Box.

- Crea istanza VM Windows

- Connessione SSH

- Connessione al database con GUI

Crea istanza VM Windows

- Dalla console di Google Cloud, vai alla pagina Dettagli per le tue risorse Oracle AI Database@Google Cloud. Ad esempio, Exadata Database o Exascale Database.

- Scorrere fino alla sezione Rete, quindi selezionare il collegamento Rete ODB.

- Nella pagina Dettagli rete ODB, selezionare la scheda Dettagli, quindi selezionare il collegamento Rete VPC associata.

- Nella pagina Dettagli rete VPC, selezionare la scheda Subnet, quindi selezionare il pulsante + Aggiungi subnet per creare una nuova subnet pubblica.

- Una volta creata la subnet, prendere nota dei dettagli della subnet per ospitare una Jump Box per la connettività a Oracle Database.

- Creare una nuova istanza VM Windows in una subnet pubblica all'interno dello stesso VPC sottoposto a peering con la rete ODB che contiene Oracle Database.

Per connettersi alla VM di Oracle Database tramite SSH o per stabilire una connessione al database, assicurarsi che gli strumenti e le librerie necessari siano installati prima di avviare la connessione

Connessione SSH

La libreria SSH è disponibile nella VM Windows e non sono necessari strumenti aggiuntivi.

Connessione al database con GUI

Scaricare e installare Oracle SQL Developer nell'istanza VM Windows.

Gruppo di sicurezza di rete (NSG)

Per consentire il traffico in entrata, abilitare le porte necessarie nel gruppo di sicurezza di rete per le connessioni da Jump Box a Oracle Database.

Aggiornare il gruppo NSG per consentire al traffico in entrata da ambienti in locale o nel cloud di connettersi dal CIDR client o dall'IP client.

Connessione SSH

Per la connettività SSH, assicurarsi che la porta del protocollo TCP 22 sia abilitata per il traffico in entrata proveniente dal CIDR della subnet contenente l'istanza della virtual machine (VM).

Se esiste una regola NSG predefinita (uscita di tutto il TCP dalla subnet Jump Box) che consente la porta 22 da Jump Box, non è necessario configurare nuove regole.

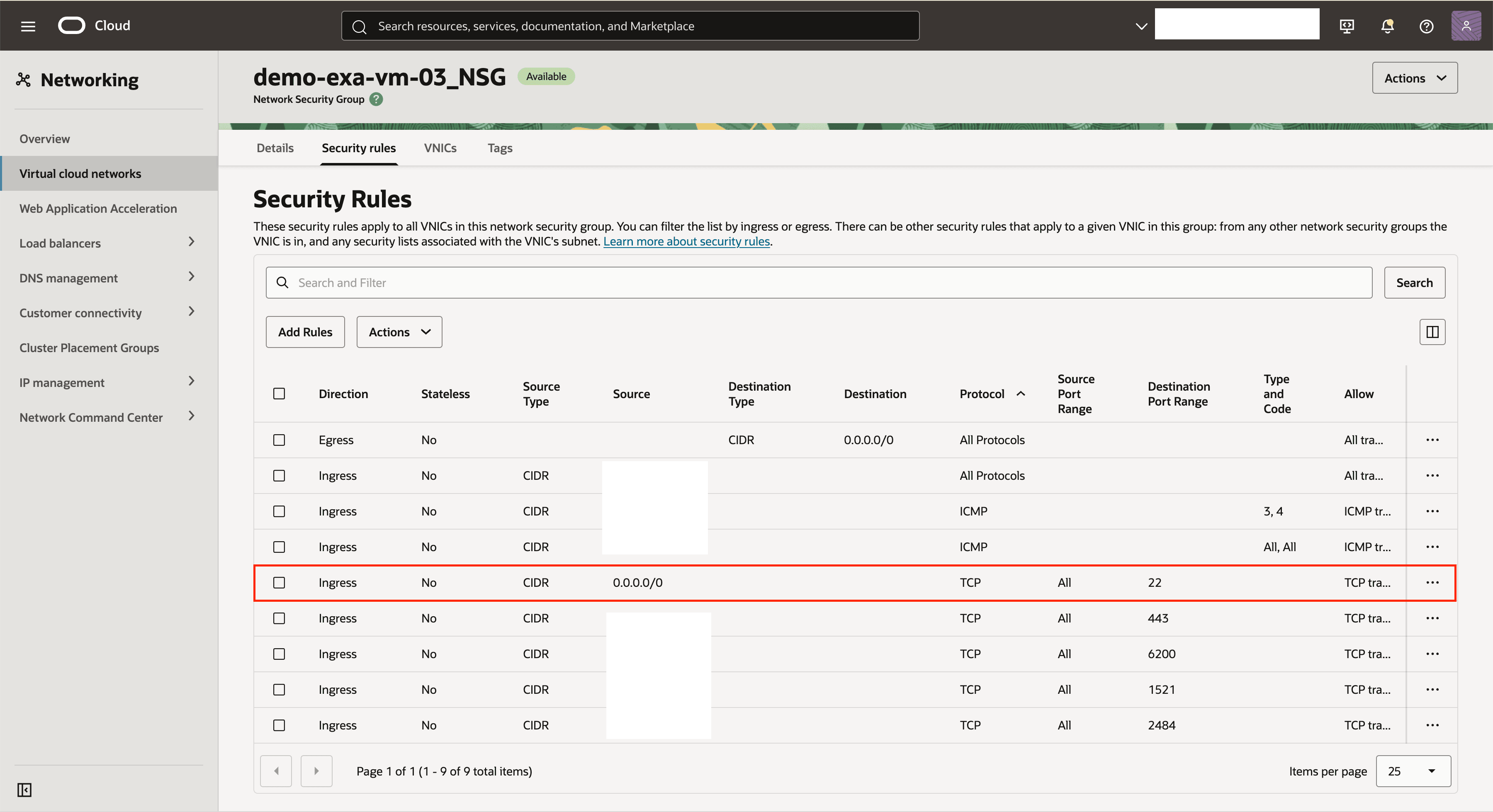

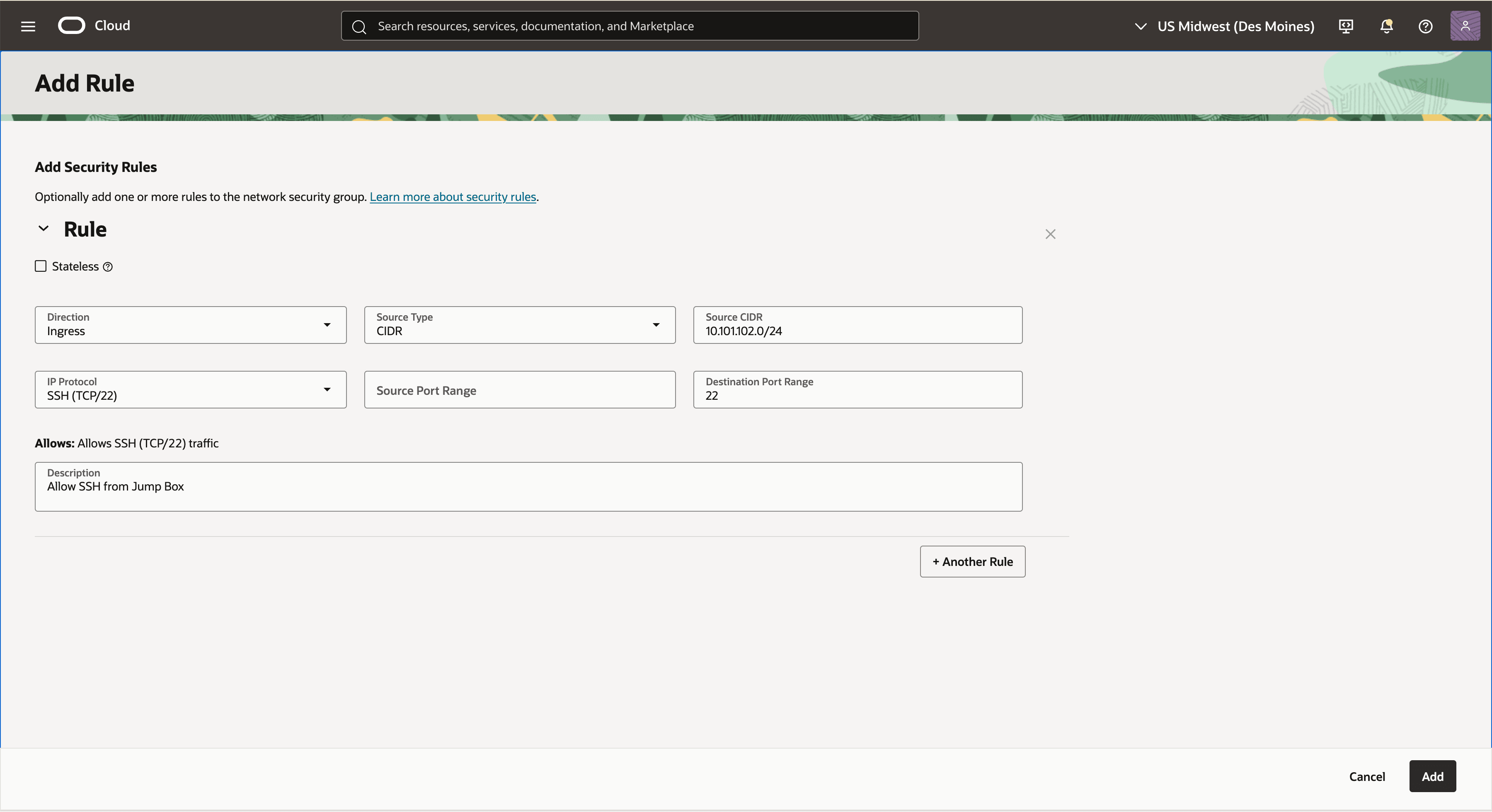

Aggiungi regola porta TCP 22 in entrata (facoltativa)

Questi passi descrivono come aggiungere una regola di entrata per consentire la porta TCP 22.

- Nella console di Google Cloud andare alle risorse cloud di Oracle AI Database@Google come Exadata Database o Exascale Database, quindi selezionare i dettagli della risorsa.

- Selezionare il collegamento Gestisci in OCI.

- Selezionare il collegamento Gruppi di sicurezza di rete client dalla sezione Rete in OCI Console.

- Passare alla scheda Regole di sicurezza.

- Selezionare il pulsante Aggiungi regola, quindi immettere le informazioni riportate di seguito.

- Selezionare Ingresso come Direzione.

- Selezionare CIDR come Tipo di origine.

- Immettere il CIDR per la casella Jump nel campo CIDR di origine.

- Selezionare TCP come protocollo IP.

- Selezionare Tutto come Intervallo porte di origine.

- Immettere 22 (Porta listener) come Intervallo porte destinazione.

- In Descrizione è possibile immettere una descrizione che consenta di identificarla.

Ad esempio: Consenti traffico in entrata SSH dalla subnet Jump Box.

Connessione al database

Una connessione al database richiede che la porta TCP 1521 / TCPS 1522 (ADB-S TLS) sia abilitata per consentire il traffico in entrata dal CIDR della sottorete contenente Jump Box.

Se la regola NSG predefinita (Ingresso tutto il TCP da qualsiasi) esiste e consente le porte 1521 e 1522 da Jump Box, non è necessario configurare nuove regole.

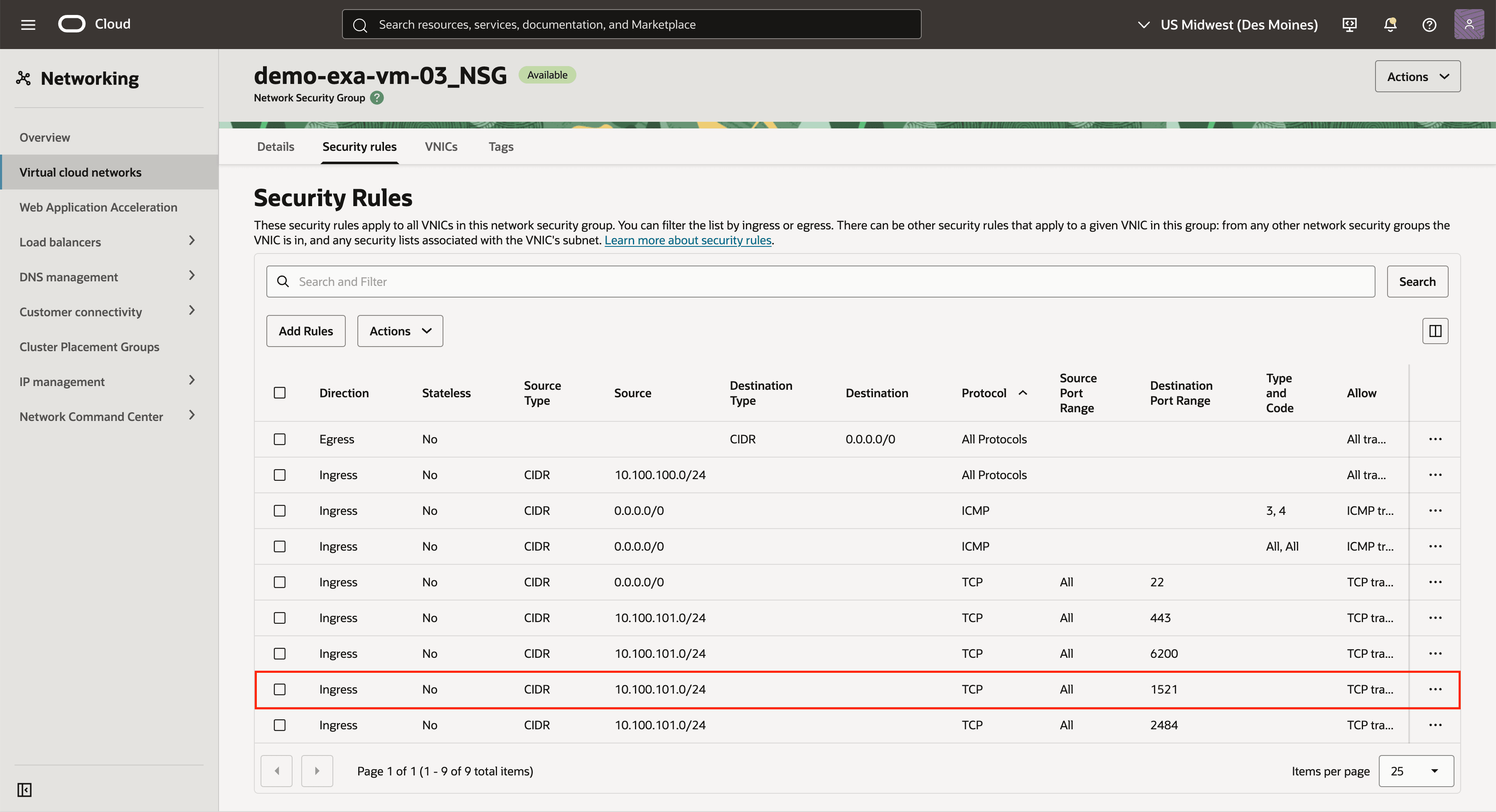

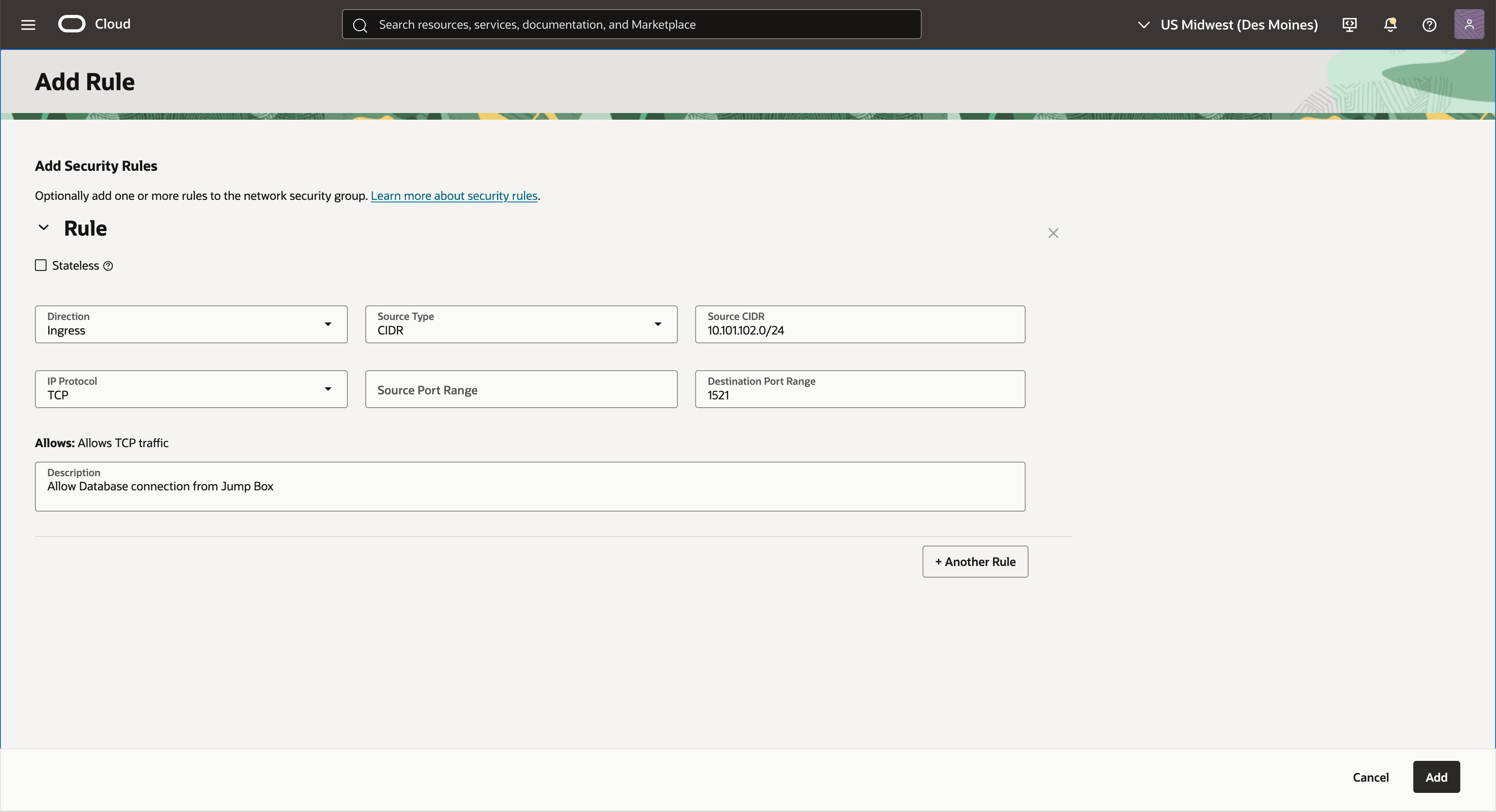

Aggiungi regola porta TCP 1521 in entrata (facoltativa)

Questi passi descrivono come aggiungere una regola di entrata per consentire la porta TCP 1521.

- Nella console di Google Cloud andare alle risorse cloud di Oracle AI Database@Google come Exadata Database o Exascale Database, quindi selezionare i dettagli della risorsa.

- Selezionare il collegamento Gestisci in OCI.

- Selezionare il collegamento Gruppi di sicurezza di rete client dalla sezione Rete in OCI Console.

- Passare alla scheda Regole di sicurezza.

- Selezionare il pulsante Aggiungi regola, quindi immettere le informazioni riportate di seguito.

- Selezionare Ingresso come Direzione.

- Selezionare CIDR come Tipo di origine.

- Immettere il CIDR per la casella Jump nel campo CIDR di origine.

- Selezionare TCP come protocollo IP.

- Selezionare Tutto come Intervallo porte di origine.

- Immettere 1521 o 1522 (porta listener) come intervallo porte di destinazione.

- In Descrizione è possibile immettere una descrizione che consenta di identificarla.

Ad esempio, consentire la connessione al database dalla subnet Jump Box.

Connetti a Jump Box

Connettersi a Jump Box per avviare una connessione a Oracle Database VM e Oracle Database.

- Dalla console di Google Cloud passare alla pagina Istanza VM creata per le risorse Oracle AI Database@Google Cloud. Ad esempio, Exadata Database o Exascale Database.

- Nella scheda Dettagli selezionare il pulsante RDP nella barra delle azioni e scaricare il file RDP.

- Segui i passaggi per accedere. Per ulteriori informazioni, vedere Connettersi alla virtual machine.

Configura risoluzione DNS

In questo argomento viene descritto come configurare il DNS per risolvere i nomi host e stabilire una connettività sicura tra il VPC di Google Cloud Virtual Private Cloud e la rete Oracle AI Database@Google Cloud ODB.

Requisiti indispensabili

Utilizza le configurazioni descritte di seguito per implementare scenari di risoluzione DNS avanzati da Google Cloud a Oracle Cloud Infrastructure (OCI) e configurare l'inoltro DNS da OCI a Google Cloud.

- Consultare la sezione DNS per informazioni sulla configurazione predefinita.

- Ottenere le informazioni riportate di seguito.

- Definire il nome di dominio o il sottodominio delegato per le risorse del database.

- Ottenere l'indirizzo IP del server DNS in GCP o in locale.

- Assicurarsi che la rete ODB e VPC dispongano della connettività al listener o al server DNS.

- Nota

Vengono trattati i seguenti casi d'uso:- Creazione di un dominio personalizzato in Google Cloud e di un CNAME al nome di dominio predefinito.

- Creazione del peering DNS per risolvere i nomi di dominio da un VPC diverso.

- Creare un nome di dominio personalizzato CNAME

Per utilizzare un nome canonico, ad esempio durante le migrazioni del database, è possibile configurare un CNAME per puntare al nome di dominio predefinito. Questa opzione è supportata per Oracle Exadata Database Service on Dedicated Infrastructure, Oracle Exadata Database Service on Exascale Infrastructure e Oracle Base Database Service in Oracle AI Database@Google Cloud.

Per impostazione predefinita, l'inoltro DNS viene creato per i nomi delle risorse Oracle Database. È possibile creare un record CNAME nella zona privata DNS di Google Cloud che punta al nome FQDN del database.

Ad esempio, per creare un sottodominio

scan-dnscomescan-dns.mydomain.localnel DNS di Google Cloud, creare un set di record CNAME che punti al nome canonico del database (*.oraclevcn.com).Requisito:

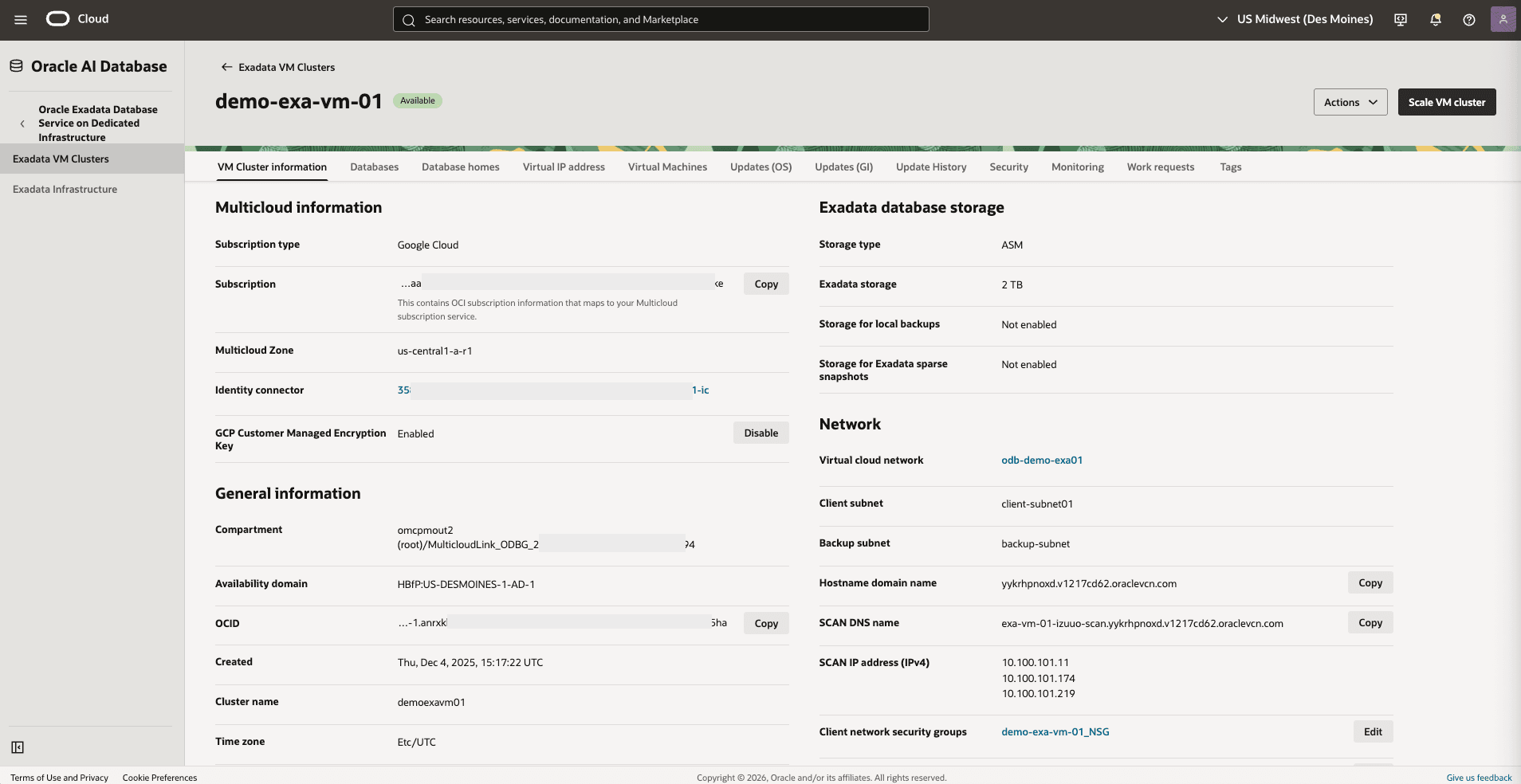

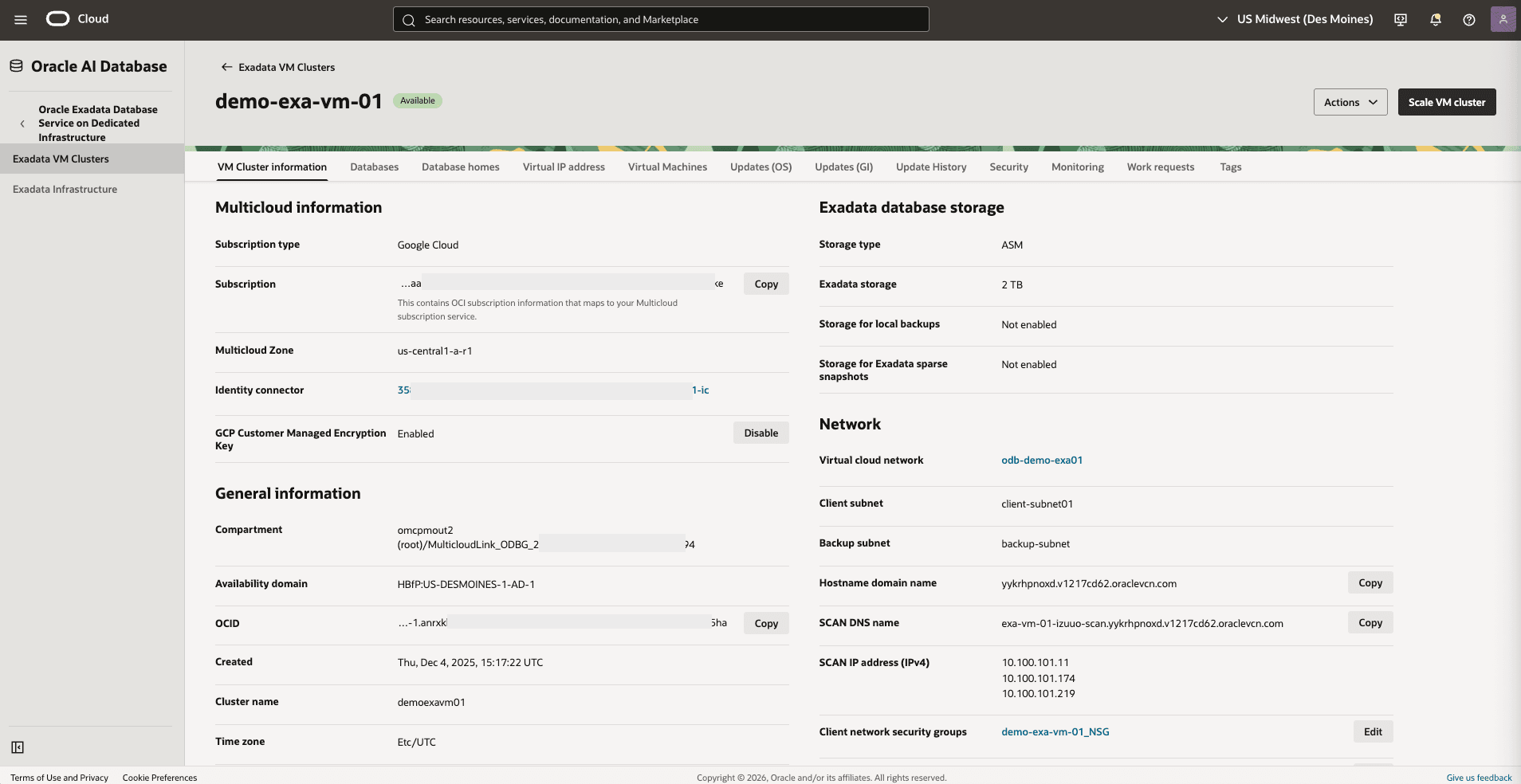

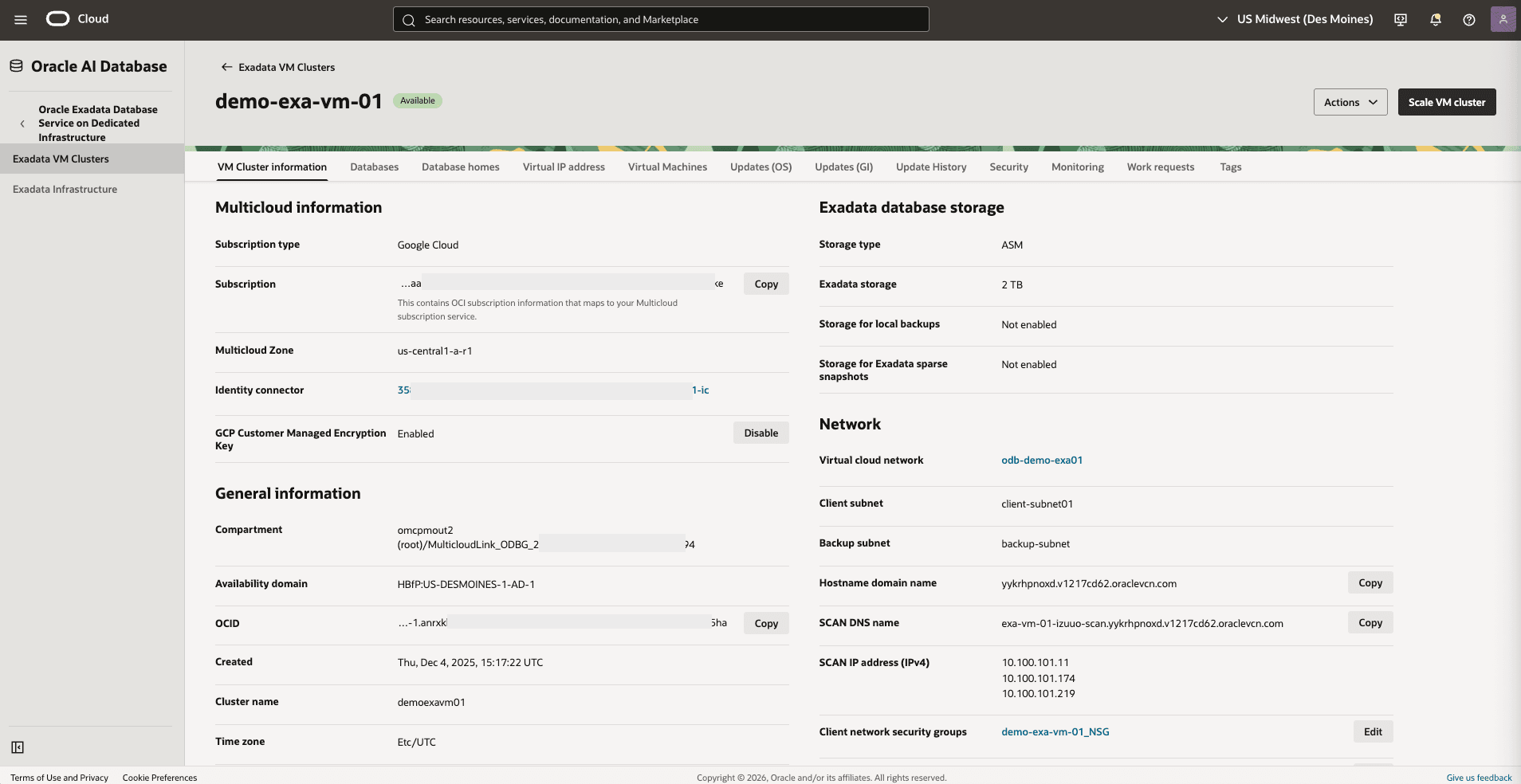

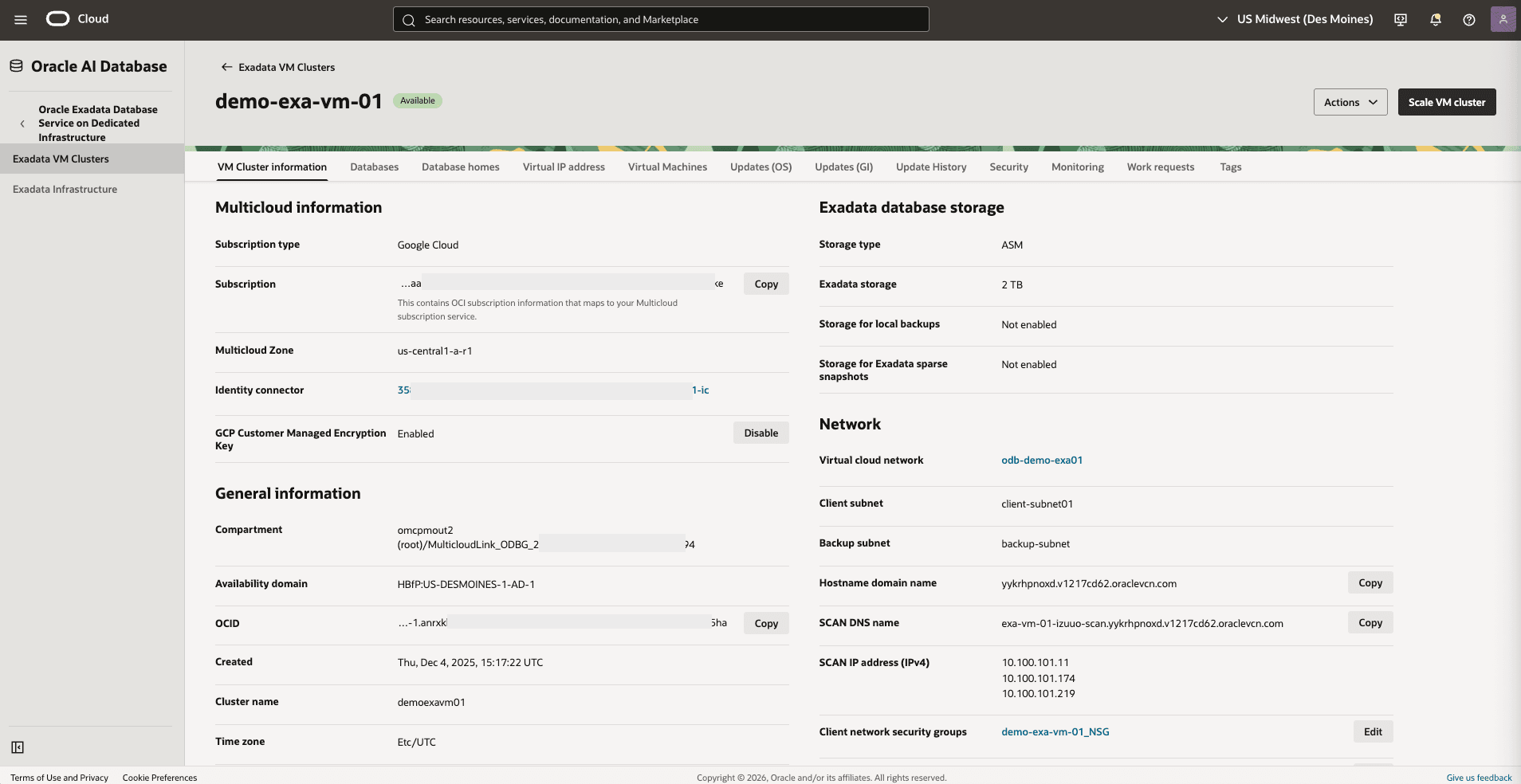

Di seguito sono riportati i passi per ottenere il nome dominio del nome host dalla console OCI.- Nella console di Google Cloud selezionare Infrastruttura dedicata, quindi selezionare la scheda Cluster VM Exadata.

- Selezionare il cluster VM Exadata in uso dalla lista.

- Selezionare il pulsante Gestisci in OCI per aprire il cluster VM Exadata in OCI.

- Nella scheda Informazioni sul cluster VM, prendere nota del nome di dominio del nome host che visualizza il nome di dominio completamente qualificato (FQDN).

Questi sono i passi per creare un nome di dominio personalizzato in DNS e CNAME di Google Cloud nel dominio oraclevcn.com predefinito.

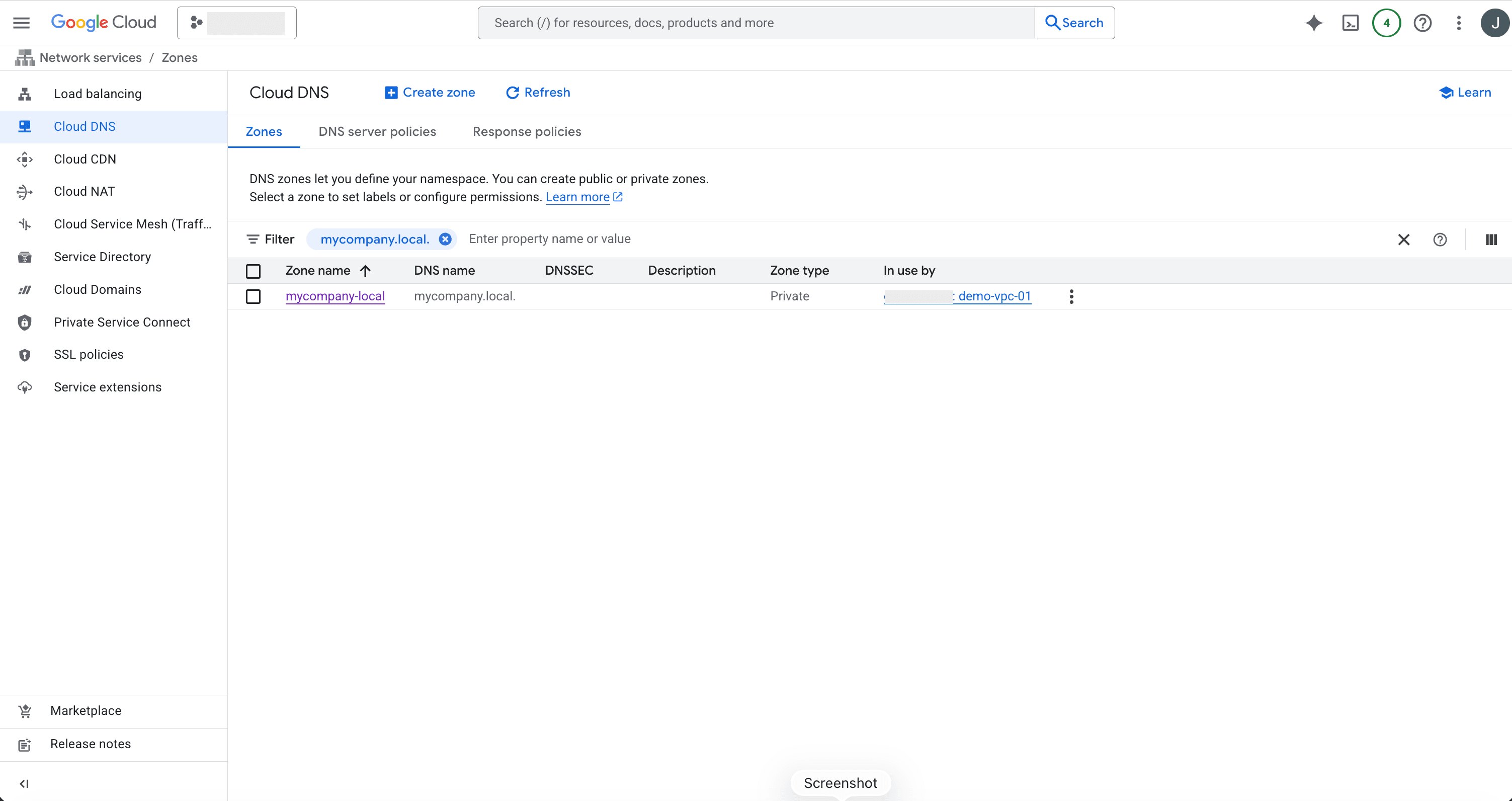

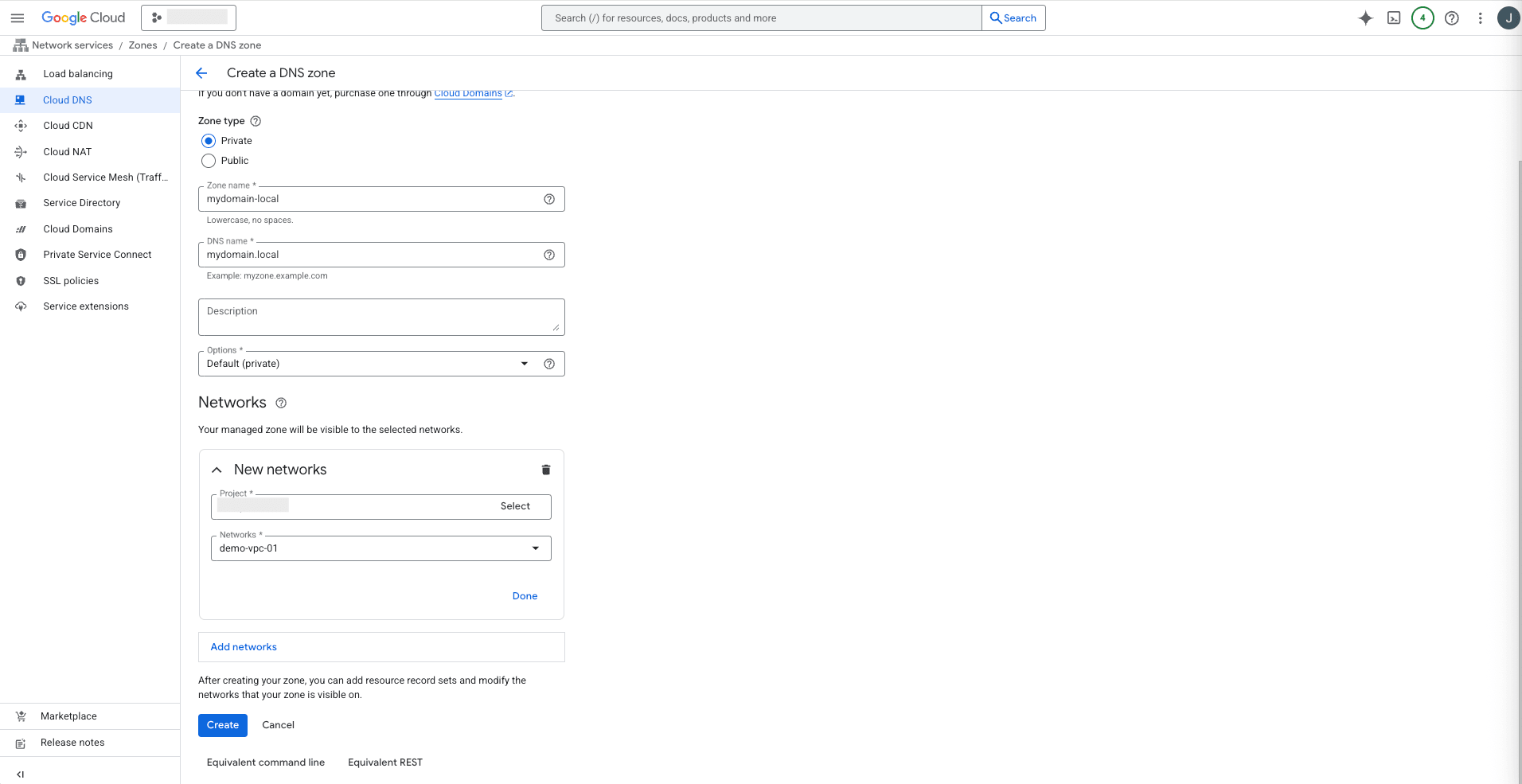

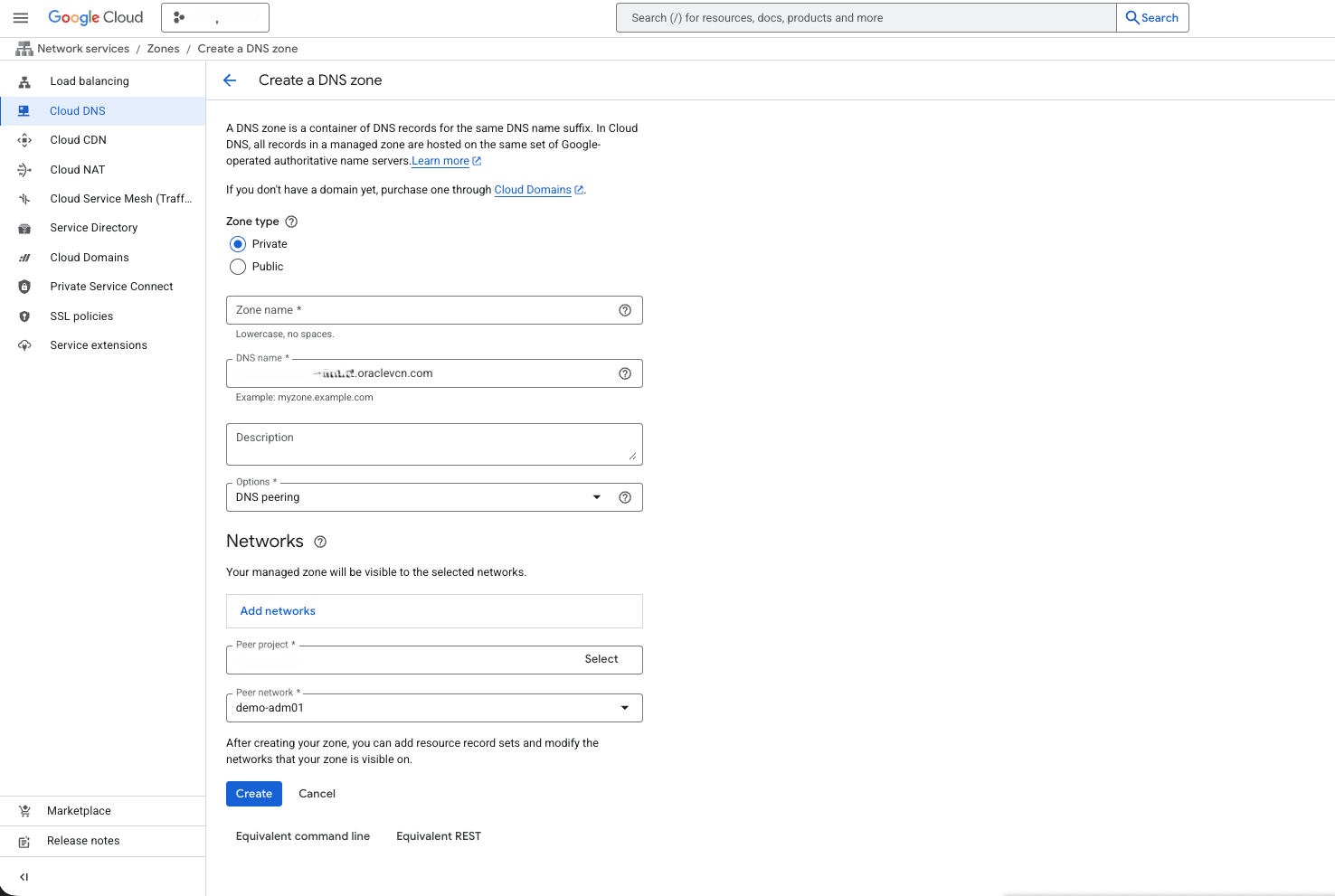

Questi sono i passi per creare un nome di dominio personalizzato in DNS e CNAME di Google Cloud nel dominio oraclevcn.com predefinito.- Nella console di Google Cloud selezionare Servizi di rete.

- Dal menu a sinistra, selezionare DNS cloud.

- Selezionare il pulsante + Crea zona e completare i passi secondari riportati di seguito.

- Selezionare l'opzione Privato come Tipo di area.

- Immettere un nome di zona nel campo Nome area in modo che corrisponda al nome di dominio personalizzato. Il nome dell'area deve essere costituito da lettere minuscole, numeri e trattini. Non utilizzare spazi.

- Immettere il nome DNS. Questo campo è obbligatorio.

- Il campo Descrizione è facoltativo.

- Nell'elenco a discesa Opzioni selezionare l'opzione Predefinito (privato).

- Selezionare il pulsante Aggiungi reti, quindi selezionare Progetto e Reti.

gcloud dns --project=XXXX managed-zones create mydomain-local --description="" --dns-name="mydomain.local." --visibility="private" --networks="https://compute.googleapis.com/compute/v1/projects/XXX/global/networks/demo-vpc-01"

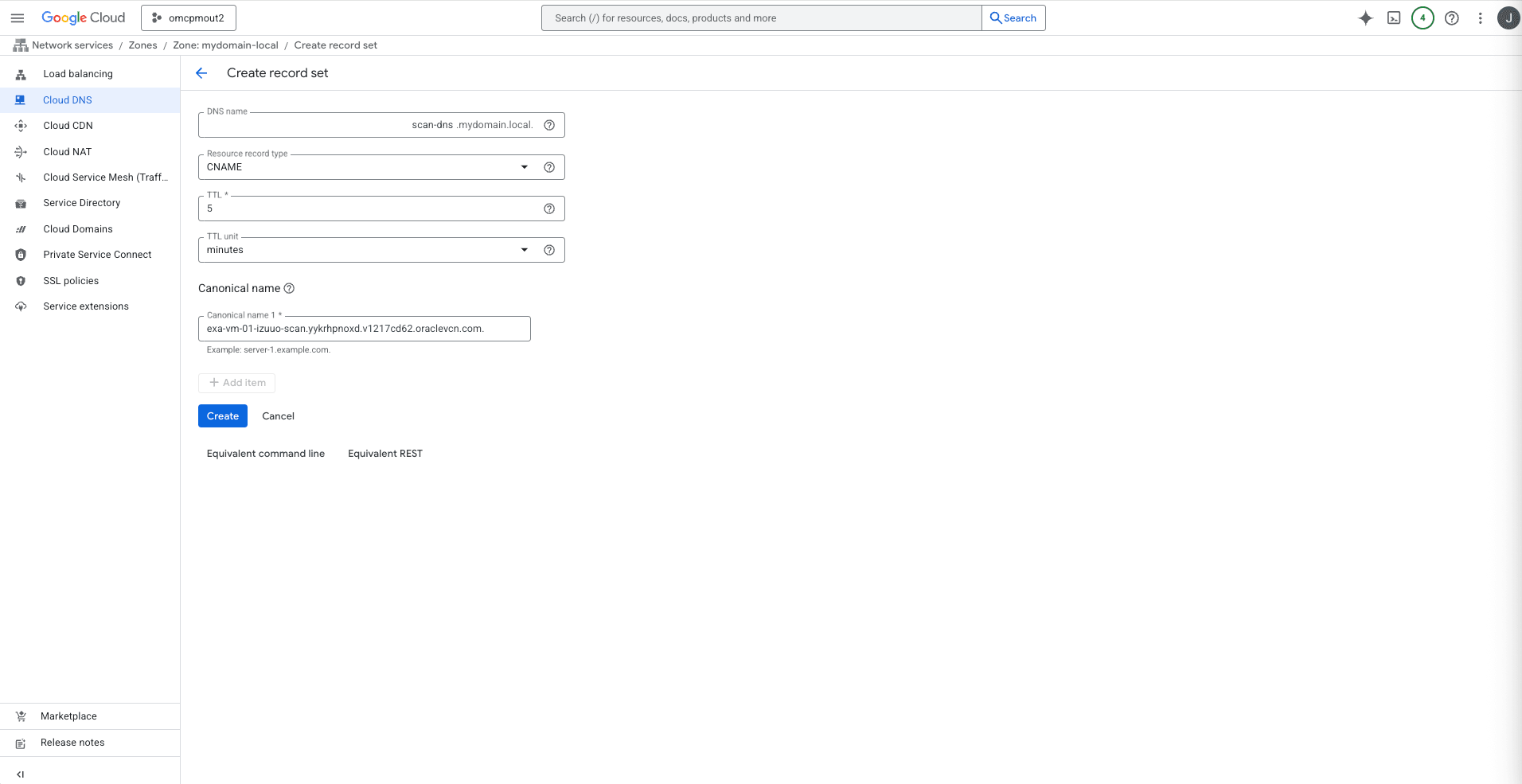

- Selezionare il pulsante Aggiungi standard e completare i seguenti passi secondari:

- Nella pagina Crea set di record, immettere scan-dns nel campo Nome DNS.

- Nell'elenco a discesa Tipo di record risorsa selezionare l'opzione CNAME.

- Selezionare minuti dall'elenco a discesa TTL.

- Fornire le informazioni FQDN nel campo Nome canonico 1 seguito da un periodo. Per ottenere informazioni sul nome FQDN, vedere la sezione Prerequisiti. Ad esempio:

exa-vm-01-izuuo-scan.yykrhpnoxd.v1217cd62.oraclevcn.com. - Rivedere le informazioni, quindi selezionare il pulsante Crea. Di conseguenza, la risoluzione DNS restituisce il record CNAME e inoltra il traffico attraverso l'inoltro DNS predefinito.

- Crea peering zona DNS Google

L'utilizzo di più VPC o progetti può aumentare la complessità DNS. Per risolvere le risorse del database da più VPC, configura il peering DNS per consentire ai client in VPC o progetti diversi di risolvere i nomi host direttamente dal DNS di Google Cloud.

Configura il peering DNS cloud per accedere alle risorse cloud di Oracle AI Database@Google nei VPC. Per impostazione predefinita, la zona di inoltro DNS cloud viene configurata quando viene distribuita un'istanza di Oracle AI Database@Google Cloud.

Per risolvere le risorse Oracle Database da più VPC, creare una zona DNS privata con peering DNS per eseguire query sullo stesso resolver per una zona di inoltro in un altro VPC.

Requisito:

Di seguito sono riportati i passi per ottenere il nome dominio del nome host dalla console OCI.- Nella console di Google Cloud selezionare Infrastruttura dedicata, quindi selezionare la scheda Cluster VM Exadata.

- Selezionare il cluster VM Exadata in uso dalla lista.

- Selezionare il pulsante Gestisci in OCI per aprire il cluster VM Exadata in OCI.

- Nella scheda Informazioni sul cluster VM, prendere nota del nome di dominio del nome host che visualizza il nome di dominio completamente qualificato (FQDN).

Questi sono i passi per configurare una zona di peering DNS cloud privata.

Questi sono i passi per configurare una zona di peering DNS cloud privata.- Nella console di Google Cloud selezionare Servizi di rete.

- Dal menu a sinistra, selezionare DNS cloud, quindi selezionare il pulsante + Crea zona.

- Selezionare l'opzione Privato come Tipo di area.

- Immettere un nome di zona nel campo Nome area in modo che corrisponda al nome di dominio personalizzato. Il nome dell'area deve essere costituito da lettere minuscole, numeri e trattini. Non utilizzare spazi.

- Immettere il suffisso DNS name per la zona privata. Tutti i record della zona condividono il suffisso, ad esempio

example.private. - Il campo Descrizione è facoltativo.

- Dall'elenco a discesa Opzioni, selezionare l'opzione Peering DNS.

- Selezionare Reti in cui è disponibile la zona privata.

- Nell'elenco a discesa Progetto peer selezionare il progetto peer.

- Selezionare la rete peer dall'elenco a discesa Rete peer.

- Rivedere le informazioni, quindi selezionare il pulsante Crea. In questo modo viene creata una zona di peering DNS aggiuntiva nel VPC sottoposto a peering, che inoltra le query al resolver VCN OCI.

- Nota

Vengono trattati i seguenti casi d'uso:- Inoltrare la risoluzione DNS a Google Cloud.

- Creazione di una zona e di record personalizzati.

Entrambi i casi d'uso si escludono a vicenda. Il sistema DNS privato valuta le richieste DNS nella sequenza seguente:- Viste private (zone)

- Regole

- Internet

Le viste allegate vengono valutate per prime nell'ordine in cui sono configurate. La vista predefinita viene valutata successivamente, a meno che non sia inclusa nell'elenco delle viste allegate. Una corrispondenza nella sequenza termina la risoluzione, anche se la corrispondenza restituisce un valore

NXDOMAIN. Per ulteriori informazioni, vedere Gestione DNS e del traffico.- Inoltra DNS a Google Cloud

L'argomento spiega come risolvere una zona host privata ospitata in Google Cloud da Oracle Database@Google Cloud.

- Inoltra DNS OCI a Google Cloud

- Crea l'inoltro in entrata in Google Cloud.

gcloud dns policies create mydomain --description="DNS resolution" --networks=poc-oracle-vpc --enable-inbound-forwarding

- Prendere nota dell'IP dell'endpoint.

- Crea l'inoltro in entrata in Google Cloud.

- Crea inoltro DNS OCI e regola di dominio

- Nella console di Google Cloud selezionare Infrastruttura dedicata, quindi selezionare la scheda Cluster VM Exadata.

- Selezionare il cluster VM Exadata in uso dalla lista.

- Selezionare il pulsante Gestisci in OCI per aprire il cluster VM Exadata in OCI.

- Selezionare la scheda Informazioni sul cluster VM, quindi andare alla sezione Rete.

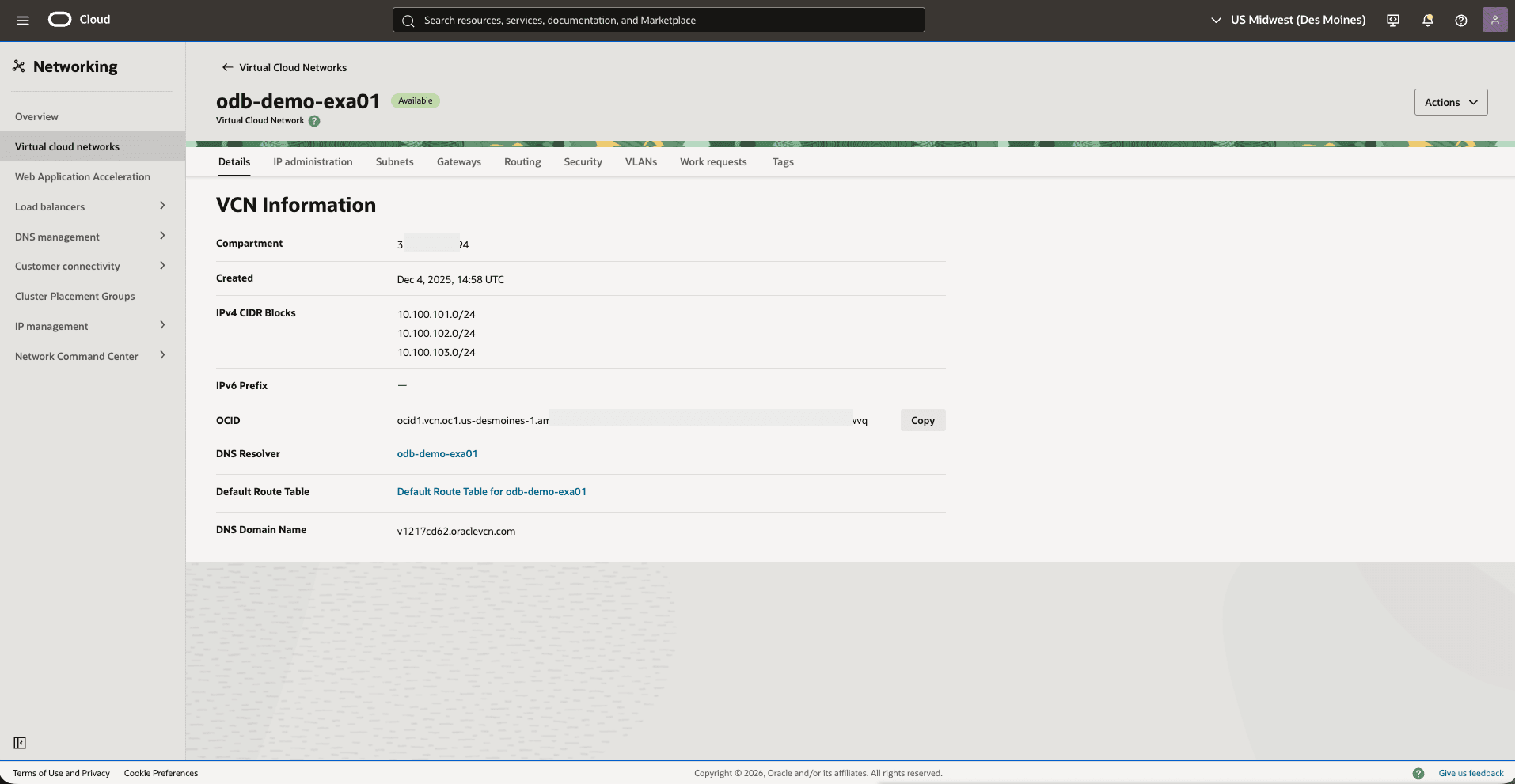

- Nella sezione Rete, selezionare il collegamento Rete cloud virtuale che apre la pagina Reti cloud virtuali.

- Selezionare la scheda Dettagli, quindi selezionare il collegamento Resolver DNS.

- Nella pagina Resolutori privati è possibile visualizzare i dettagli del resolver privato.

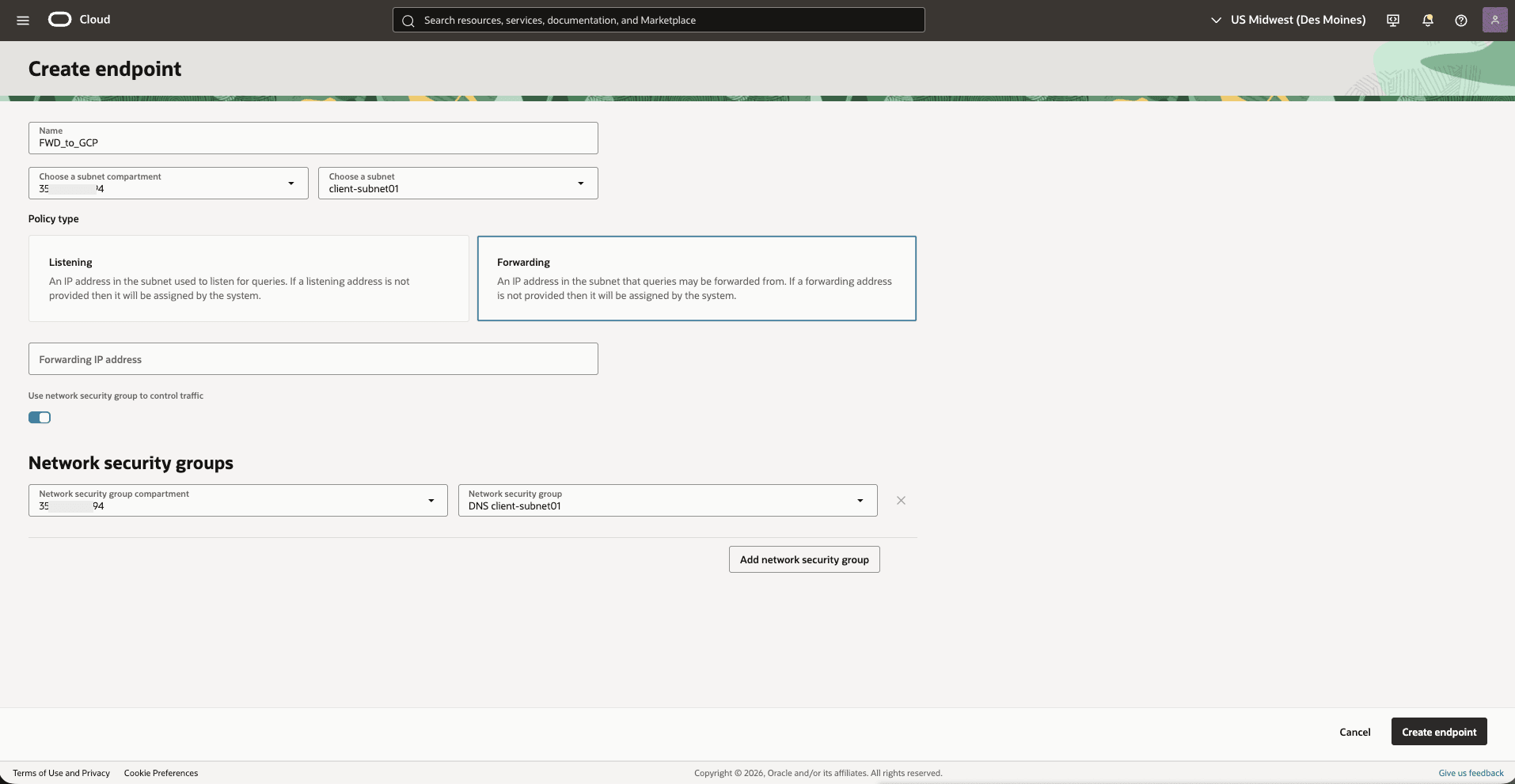

- Selezionare la scheda Endpoint, quindi selezionare il pulsante Crea endpoint.

- Immettere un nome univoco per l'endpoint.

- Selezionare il compartimento della subnet dall'elenco a discesa.

- Selezionare la subnet della VCN dall'elenco a discesa.

- Scegliere un tipo di criterio come Inoltro.

- Immettere un indirizzo IP di inoltro nella subnet, se necessario.

- Attivare/disattivare lo switch per abilitare l'uso dei gruppi di sicurezza di rete per il controllo del traffico.

- Selezionare il compartimento del gruppo di sicurezza di rete dall'elenco a discesa.

- Selezionare un gruppo di sicurezza di rete dall'elenco a discesa.

- Dopo aver compilato tutti i campi obbligatori, selezionare il pulsante Crea endpoint per completare il processo.

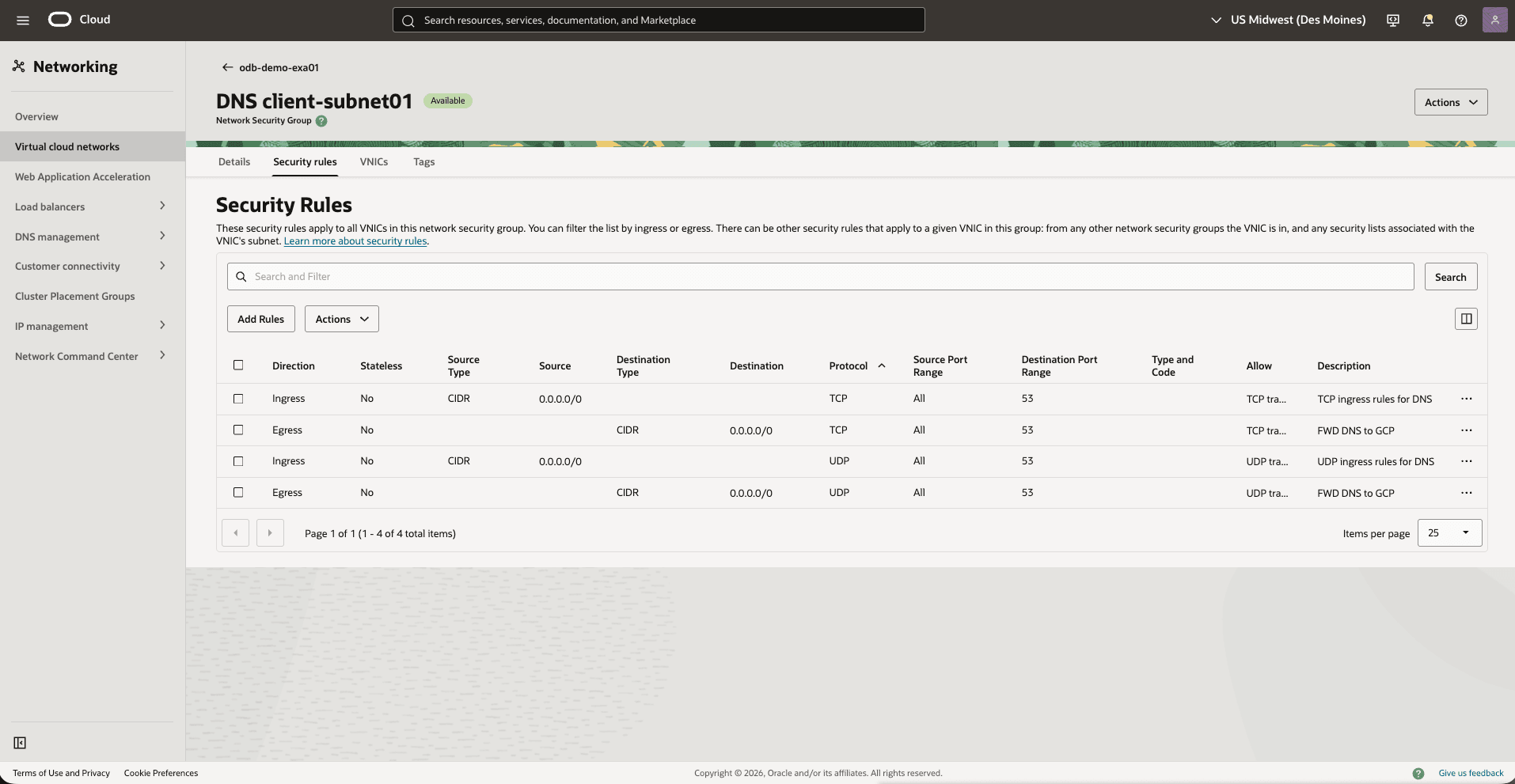

- Nella pagina Reti cloud virtuali selezionare la scheda Regole di sicurezza per aggiungere una regola di uscita che consente il traffico in uscita dall'endpoint all'IP di inoltro in entrata di Google Cloud. Selezionare il pulsante Aggiungi regole e completare i passi secondari riportati di seguito.

- Lasciare la casella di controllo Senza stato deselezionata.

- Selezionare l'opzione Esclusione come Direzione.

- Impostare Tipo di destinazione come CIDR.

- Impostare CIDR destinazione come

0.0.0.0/0. - Selezionare il protocollo IP come UDP.

- Selezionare Intervallo porte origine come Tutto.

- Immettere Intervallo porte destinazione come 53.

- Immettere una descrizione.

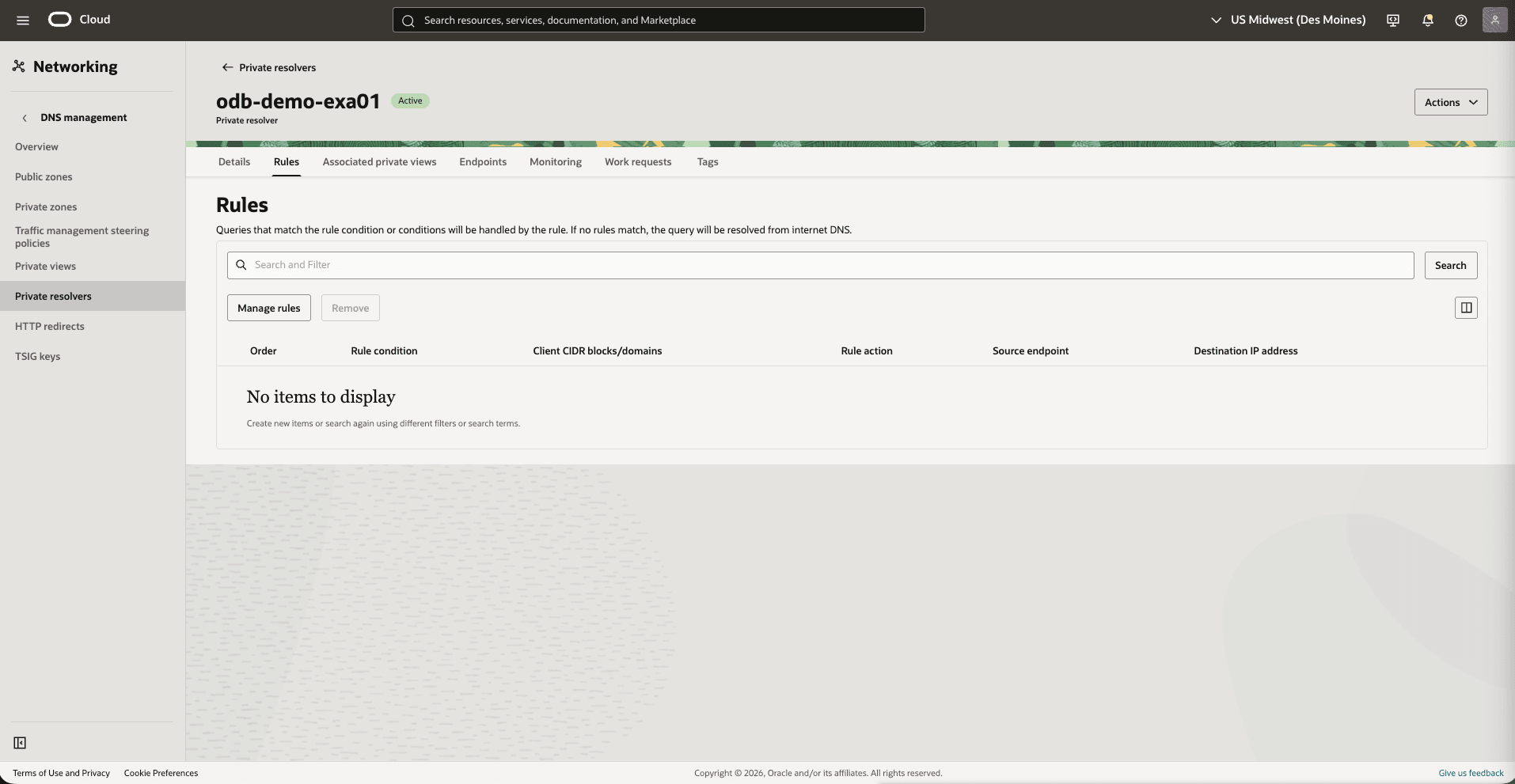

- Nel menu a sinistra selezionare Gestione DNS, quindi Risolutori privati.

- Selezionare la scheda Regole.

- Per creare una regola, completare i passi secondari riportati di seguito.

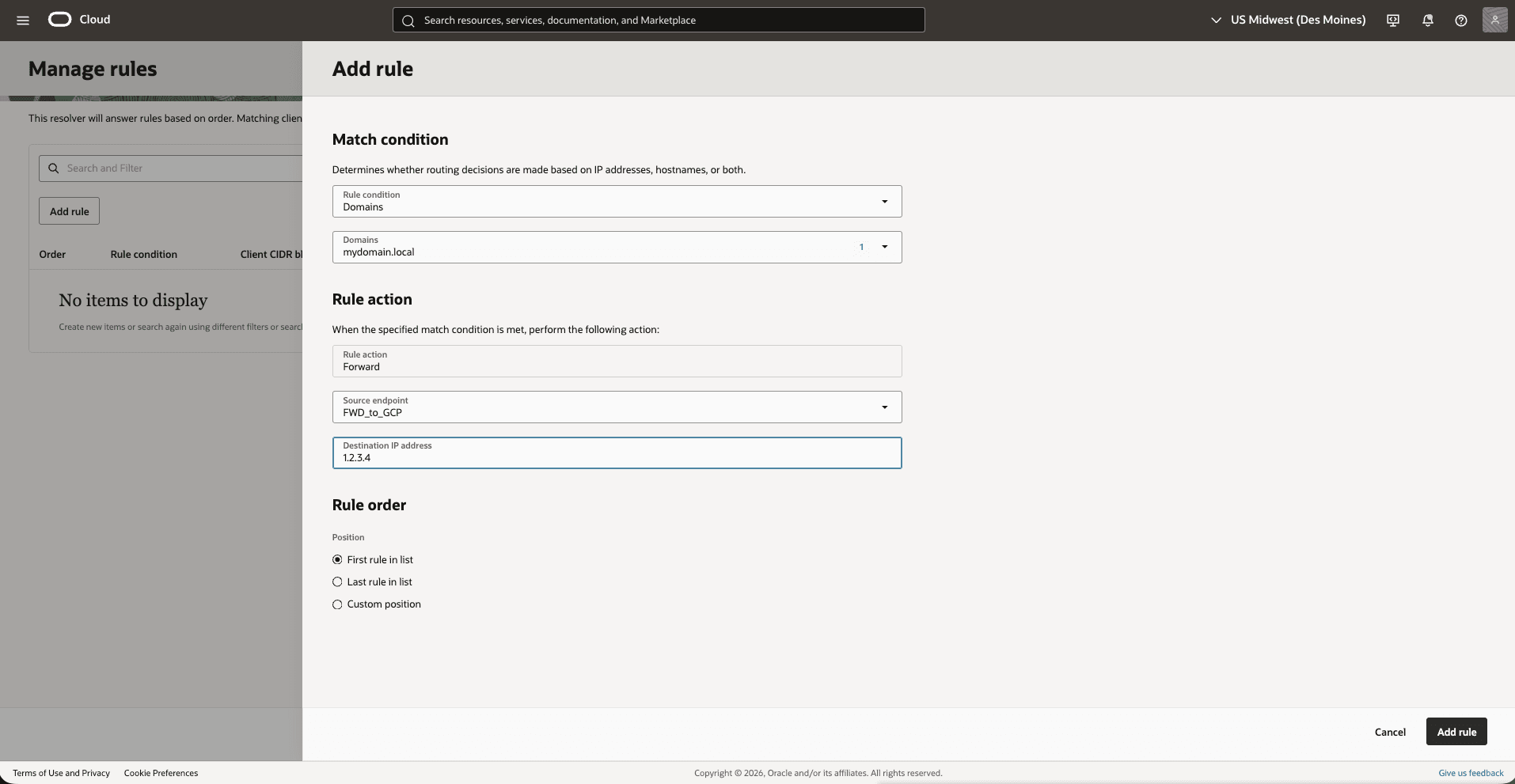

- Nell'elenco a discesa Condizione regola selezionare Domini.

- Dall'elenco a discesa Domini, selezionare mydomain.local.

- L'azione Regola è impostata su Avanti.

- Selezionare l'endpoint di origine come FWD_to_GCP.

- Immettere l'indirizzo IP di destinazione. L'indirizzo IP di destinazione è l'IP di inoltro query in entrata creato nella regola dei criteri. Vedere il punto 1b.

- Scegliere l'opzione Prima regola nell'elenco come Posizione.

- Selezionare il pulsante Aggiungi regola.

È possibile risolvere il servizio in Google Cloud dal cluster VM Exadata. Ad esempio,

nslookup test1.mydomain.local.

- Inoltra DNS OCI a Google Cloud

- Risoluzione al DNS OCI

Questo argomento spiega come creare una zona e record personalizzati per risolvere le risorse ospitate in Google Cloud o in locale.

Questi sono i passi per risolvere il DNS all'interno del DNS OCI.- Nella console di Google Cloud selezionare Infrastruttura dedicata, quindi selezionare la scheda Cluster VM Exadata.

- Selezionare il cluster VM Exadata in uso dalla lista.

- Selezionare il pulsante Gestisci in OCI per aprire il cluster VM Exadata in OCI.

- Selezionare la scheda Informazioni sul cluster VM, quindi andare alla sezione Rete per visualizzare i dettagli delle reti cloud virtuali.

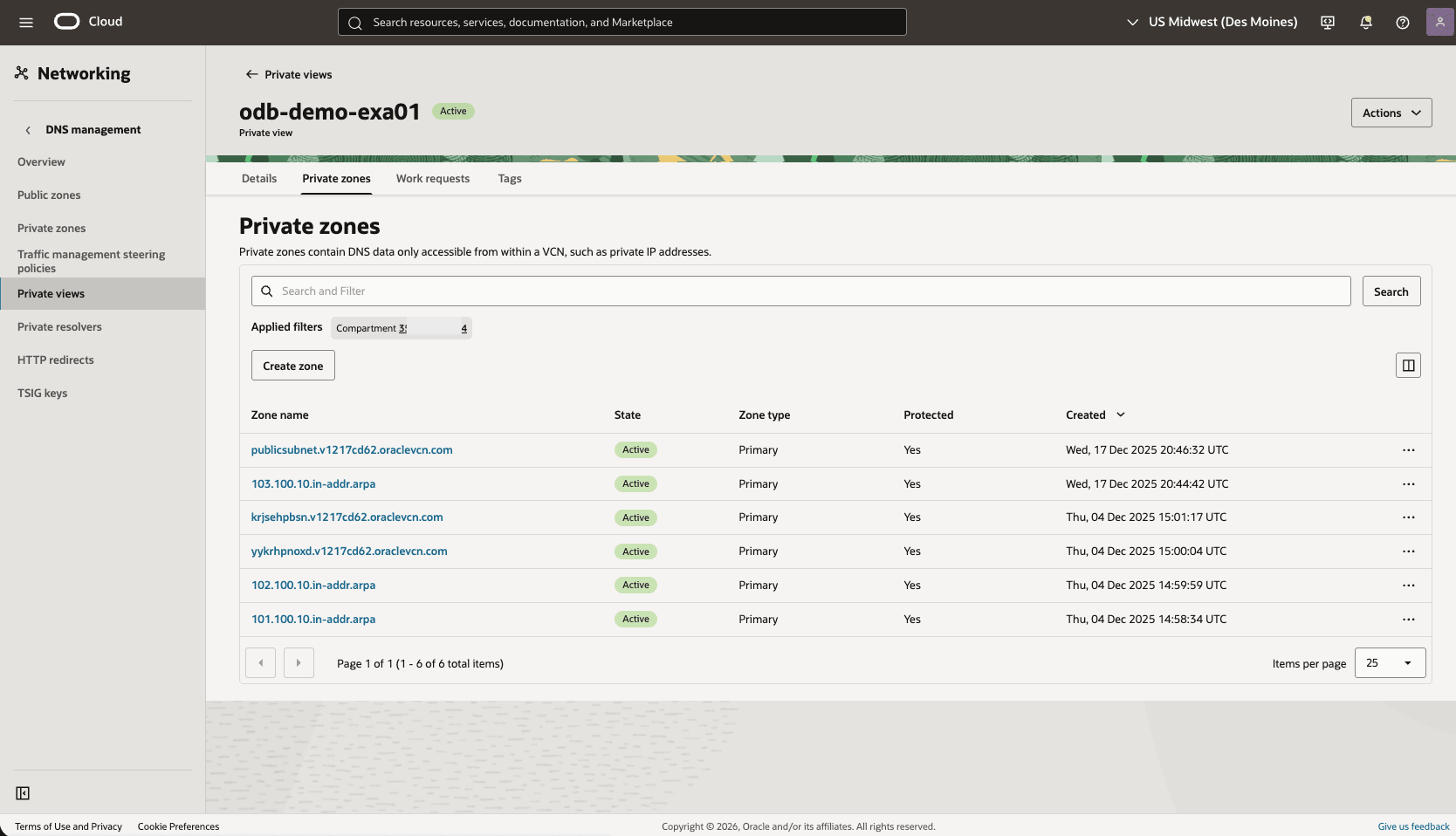

- Dalla console OCI, passare a Networking e quindi selezionare Gestione DNS.

- Dal menu a sinistra, selezionare Viste private, quindi selezionare la vista DNS privata dall'elenco in uso.

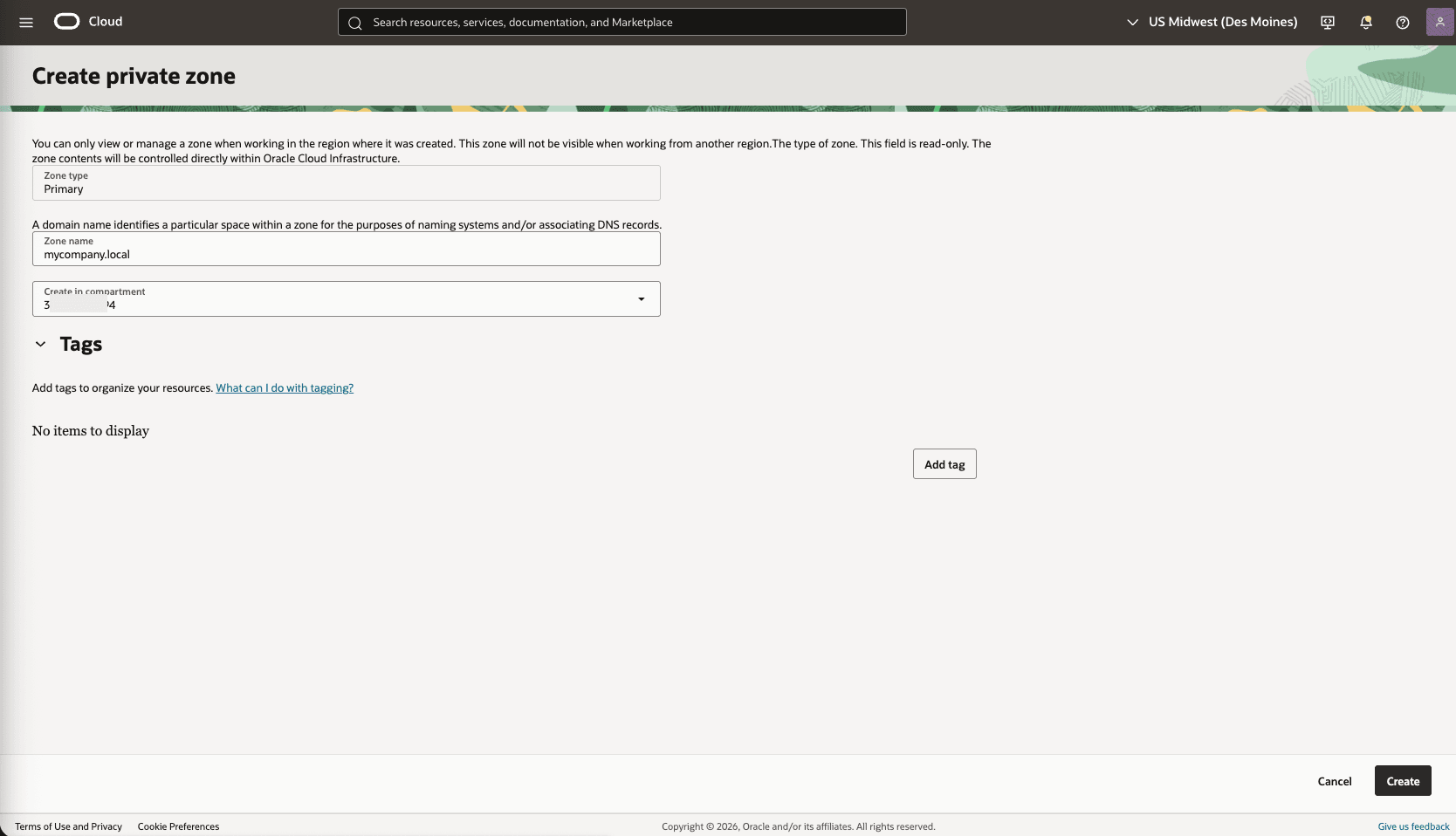

- Selezionare la scheda Zone private, quindi selezionare il pulsante Crea zona.

- Immettere Principale come Tipo di area.

- Immettere un nome per la zona. Ad esempio:

mycompany.local. - Selezionare il compartimento.

- La sezione Tag è facoltativa.

- Rivedere le informazioni, quindi selezionare il pulsante Crea.

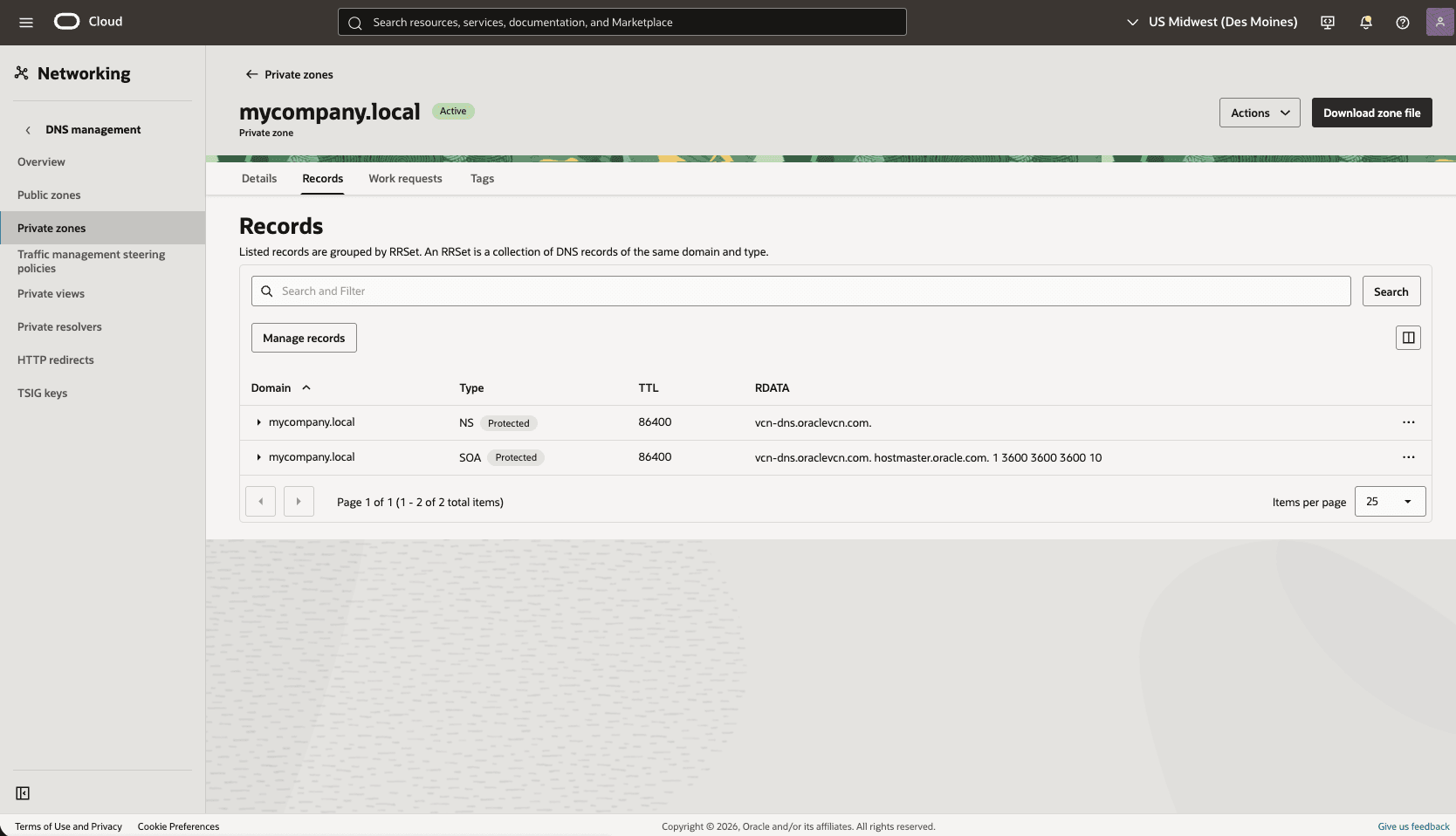

- Selezionare la zona privata in uso, quindi selezionare la scheda Record.

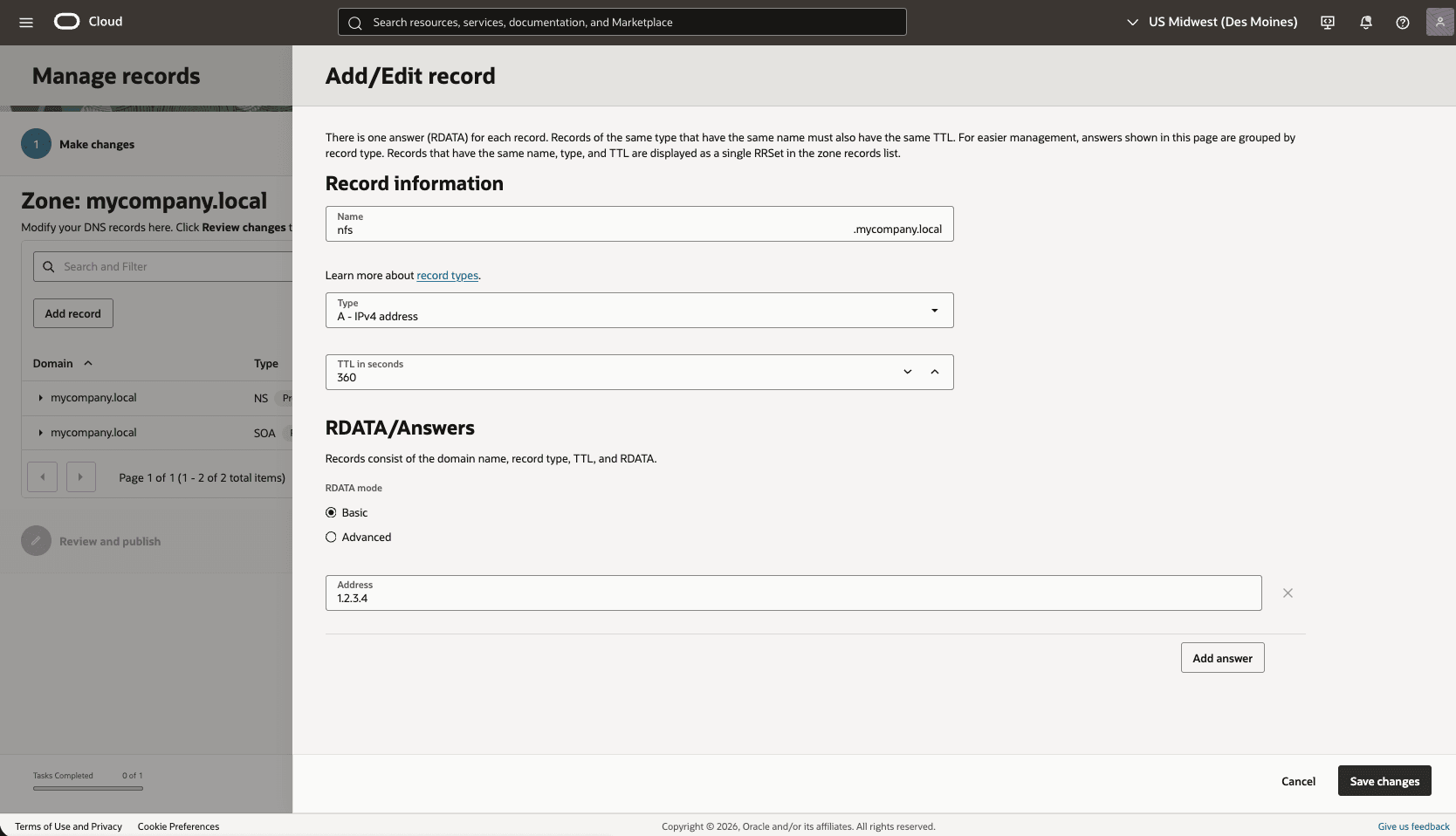

- Per modificare i record, selezionare il pulsante Gestisci record, quindi selezionare il pulsante Aggiungi record.

- Immettere un nome per il record.

- Selezionare il tipo di record A - Indirizzo IPv4 dall'elenco a discesa.

- Immettere il valore TTL in secondi.

- Scegliere l'opzione Base come Modalità RDATA.

- Immettere l'indirizzo IPv4 per il record.

- Selezionare Salva modifiche per completare la creazione o la modifica del record.

La risorsa Oracle AI Database@Google Cloud può risolvere le risorse personalizzate.