Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriverti a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Al termine del laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

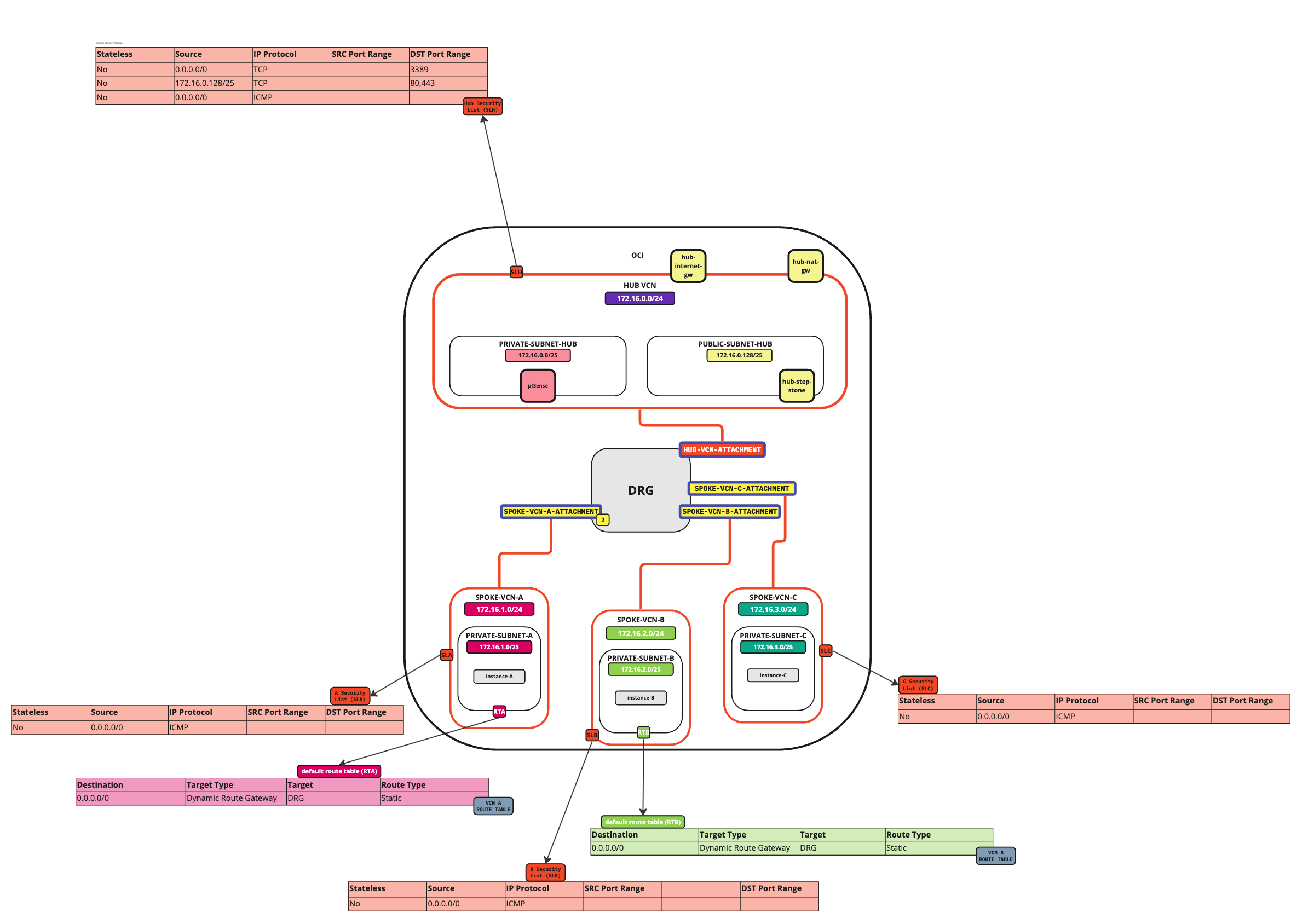

Instrada hub e VCN spoke con firewall pfSense nella VCN hub

Introduzione

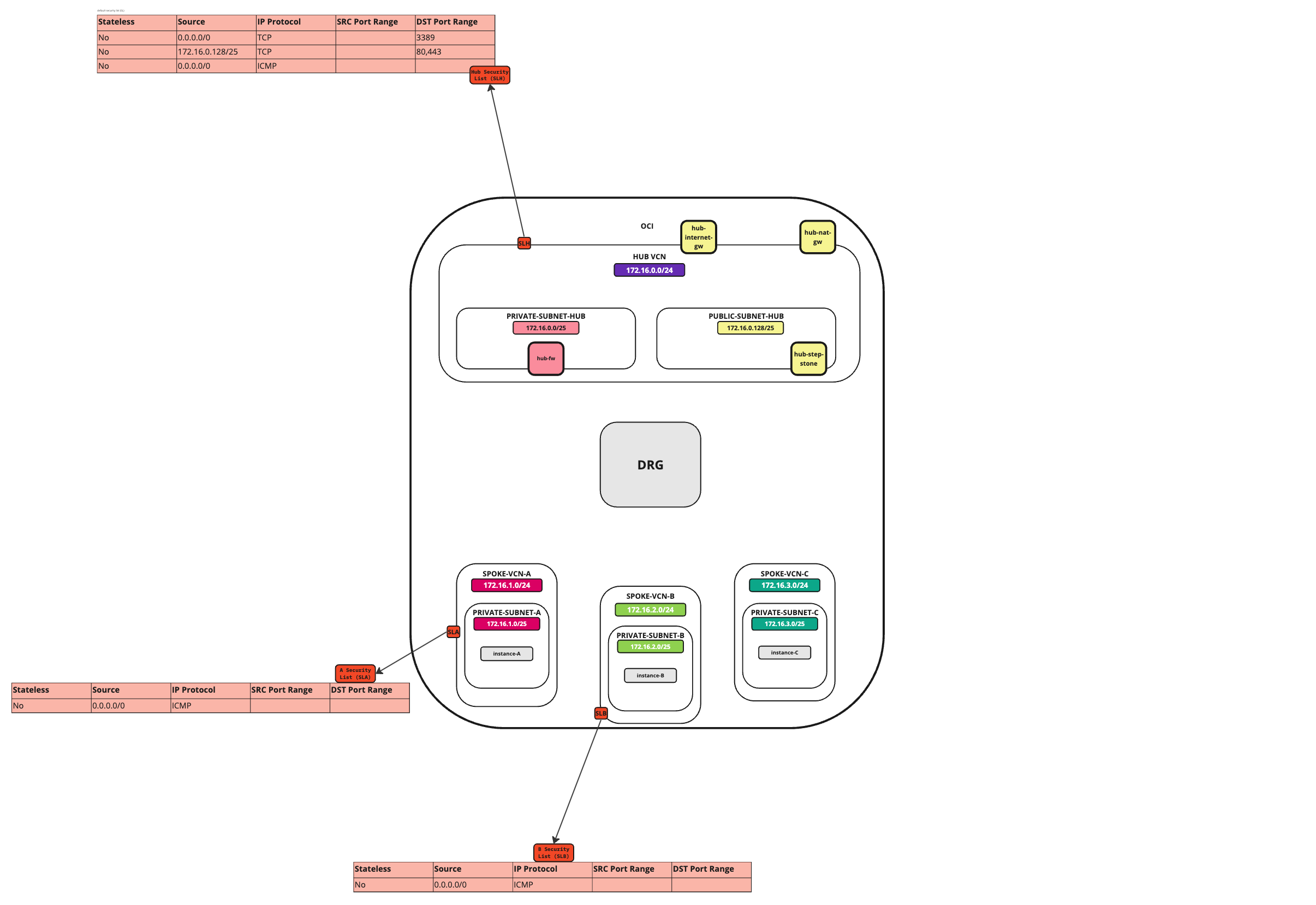

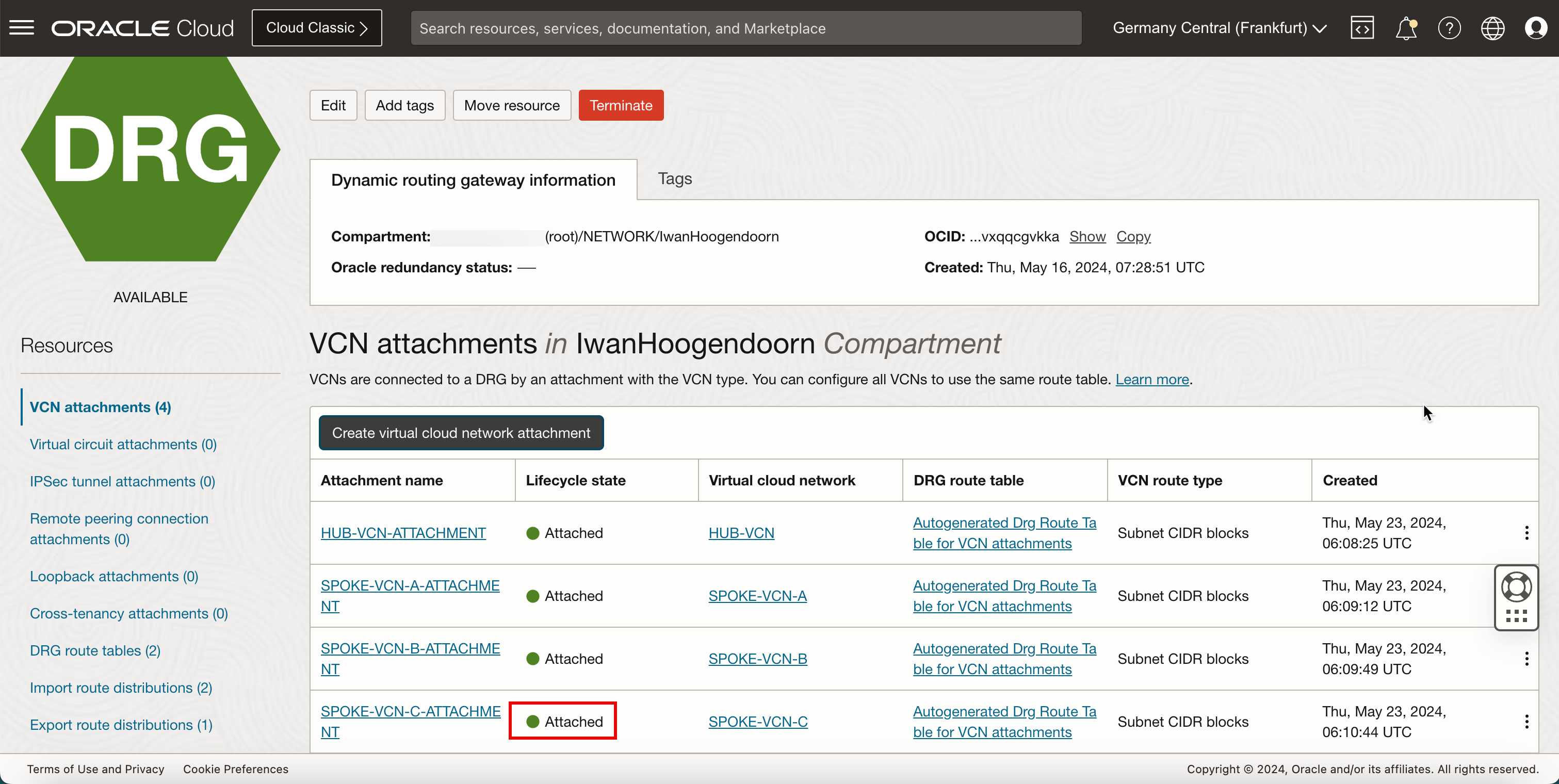

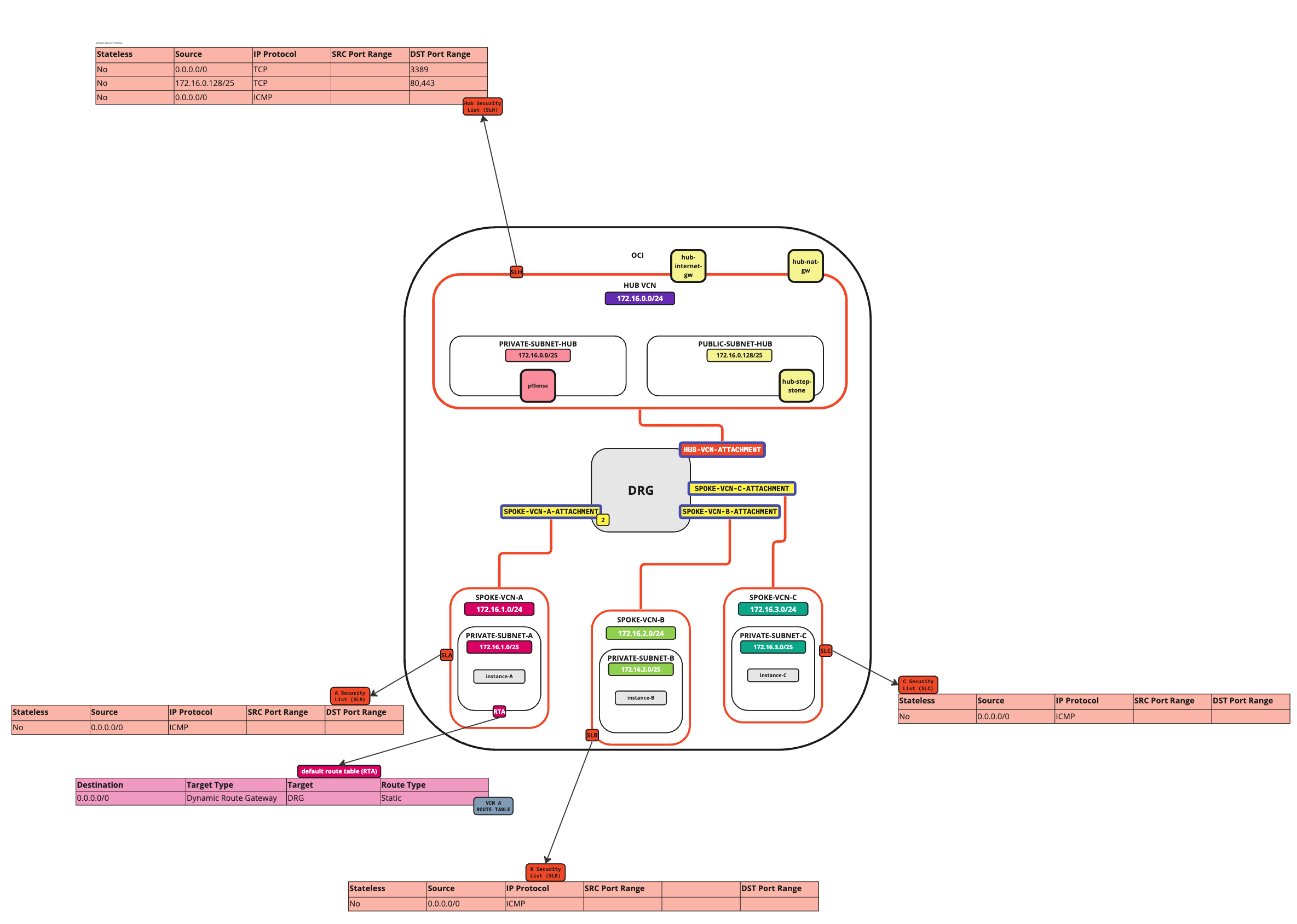

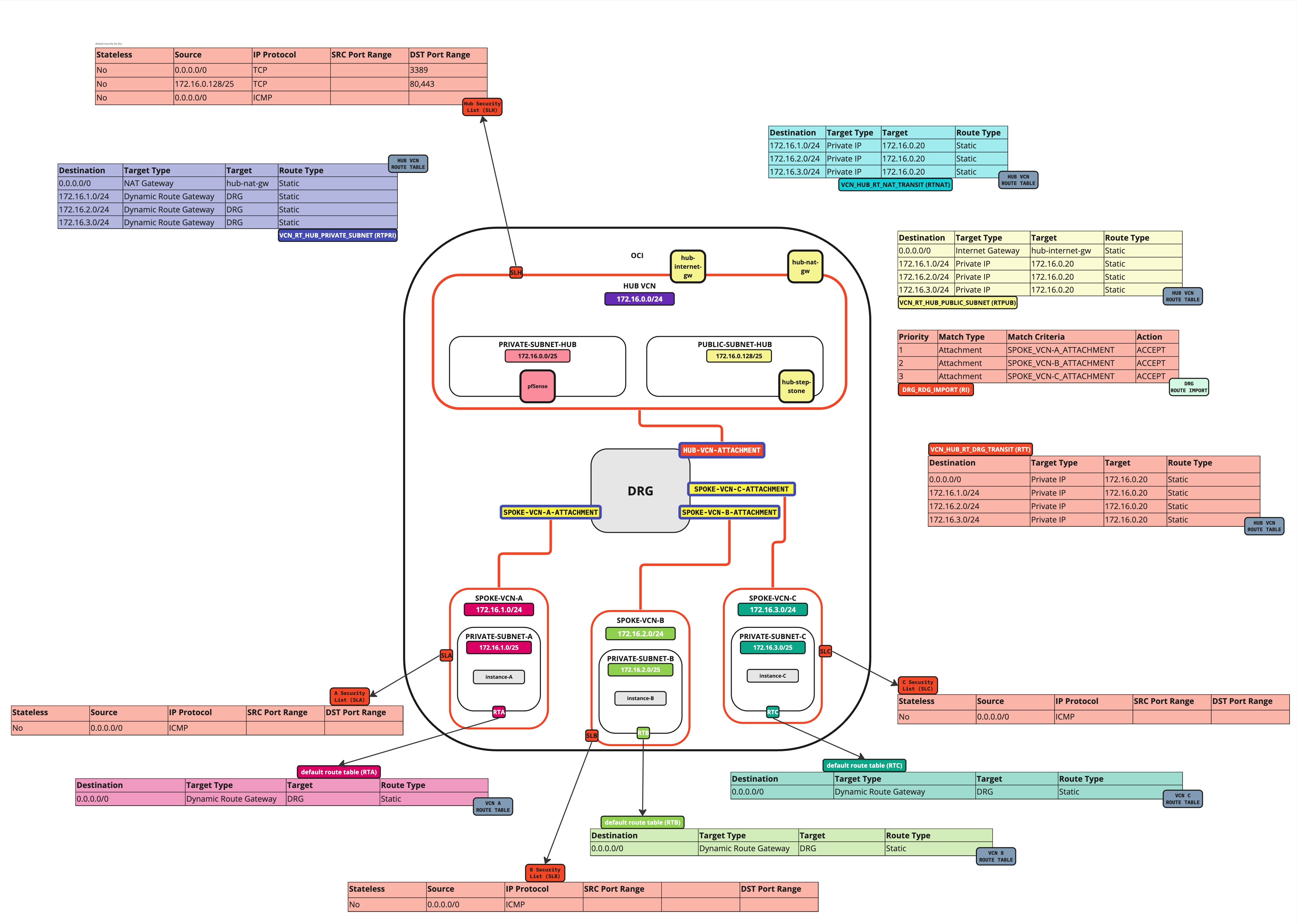

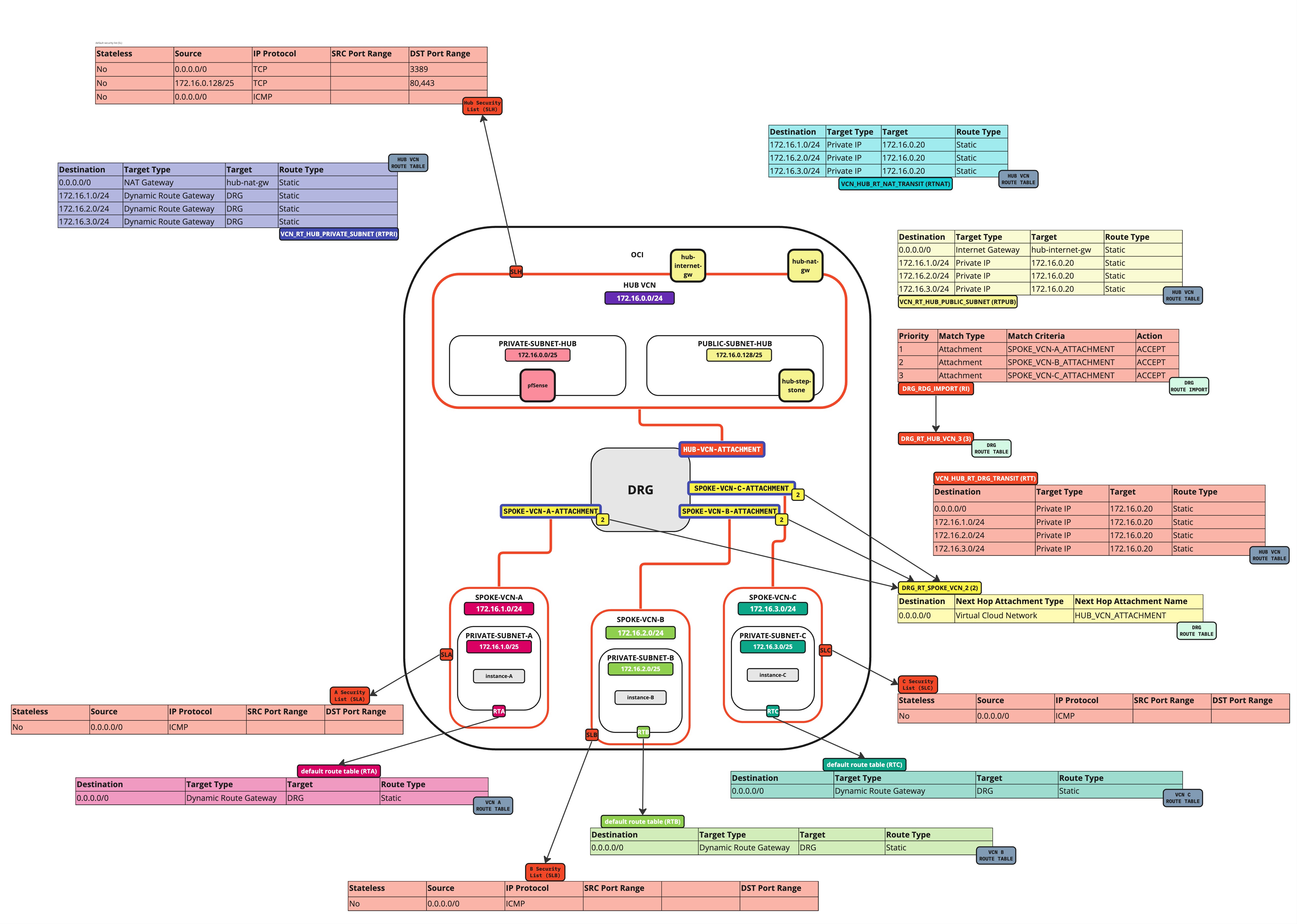

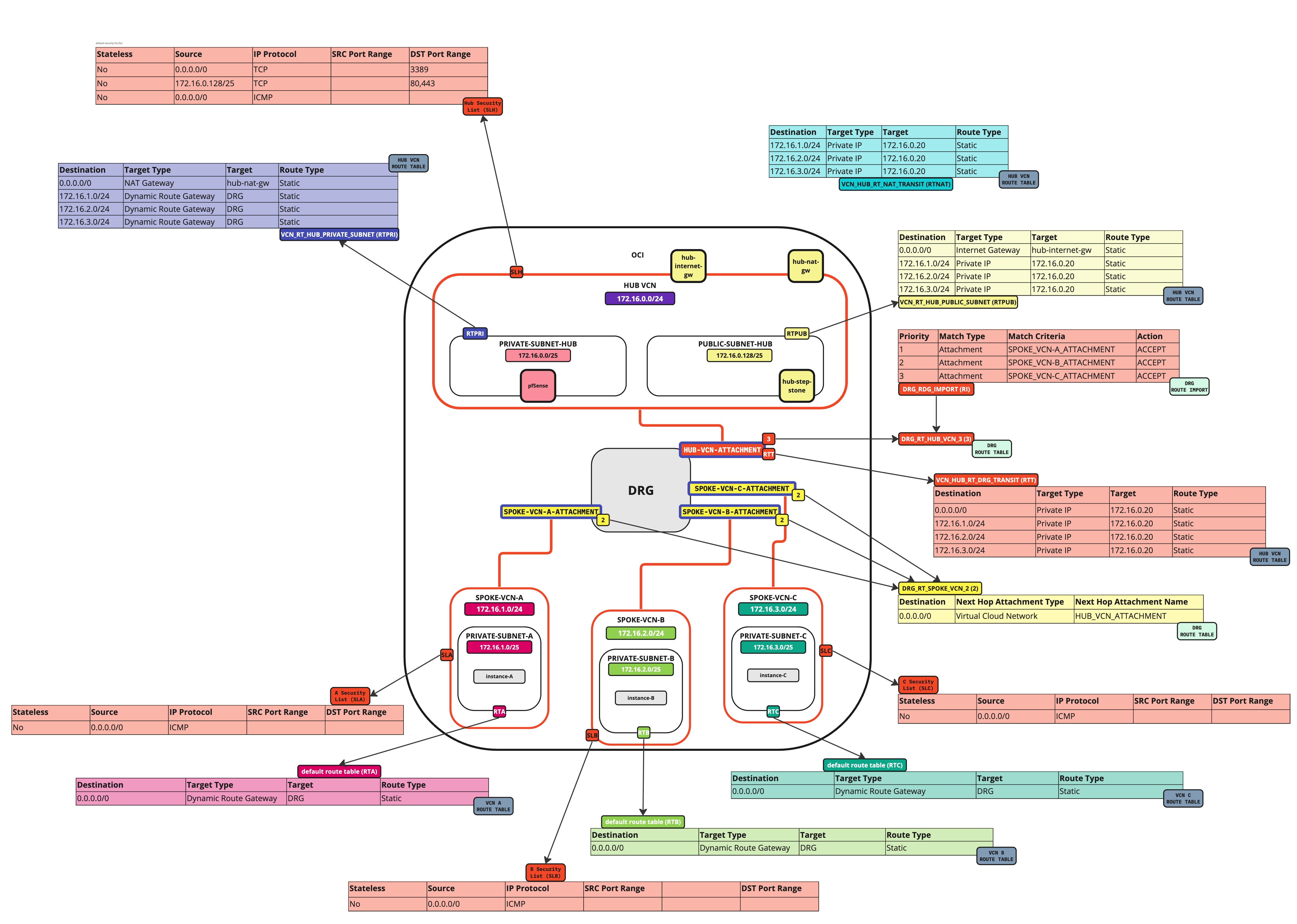

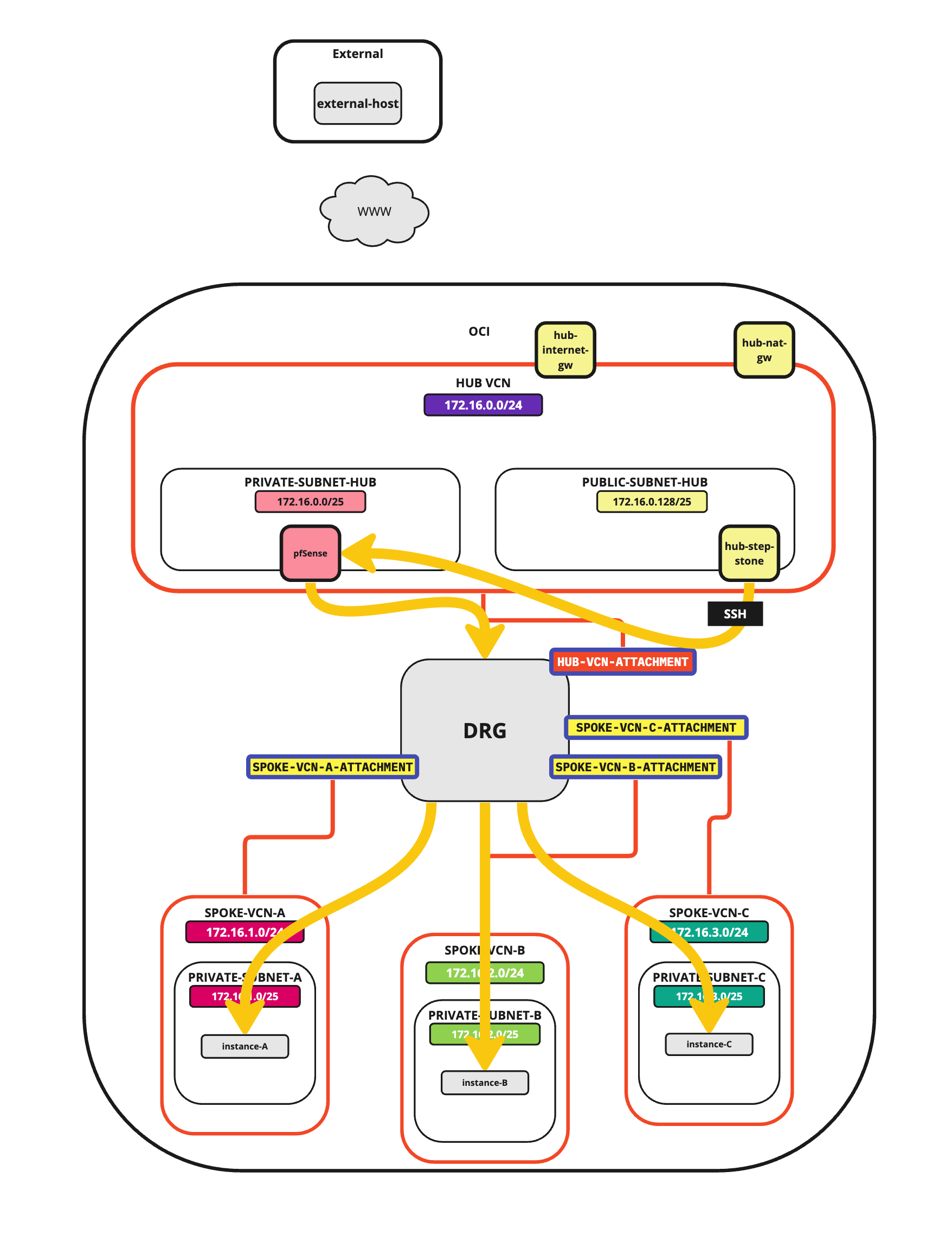

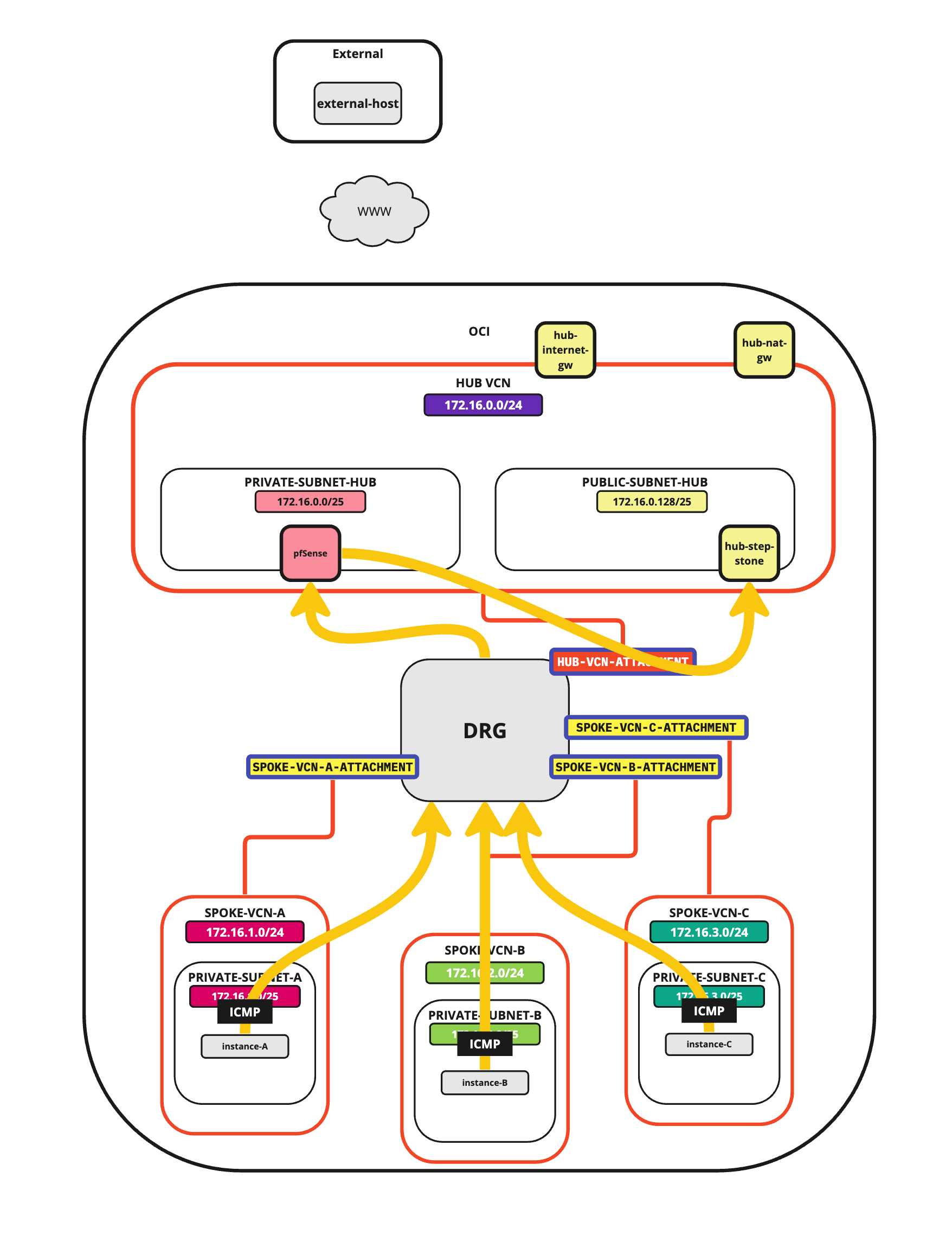

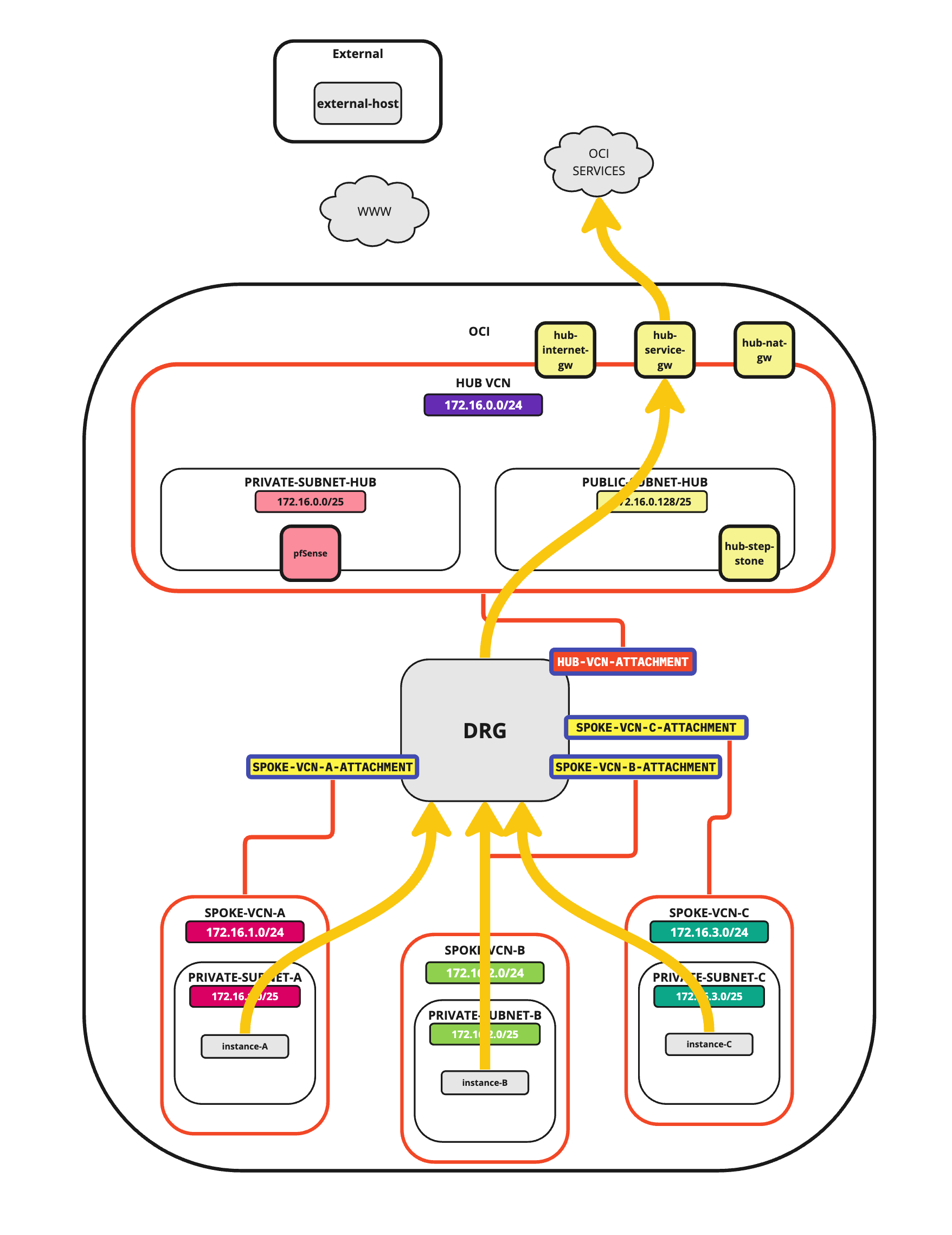

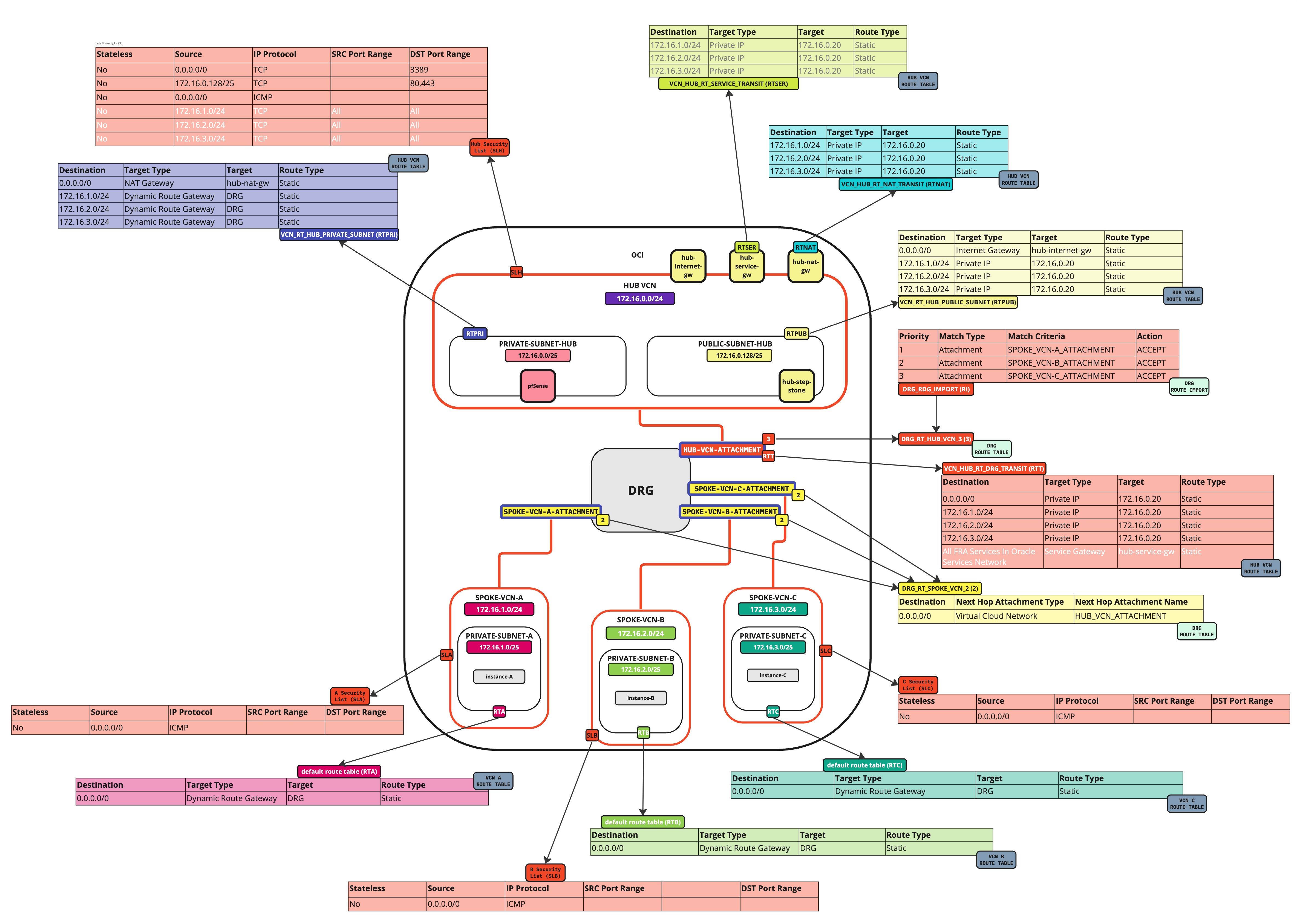

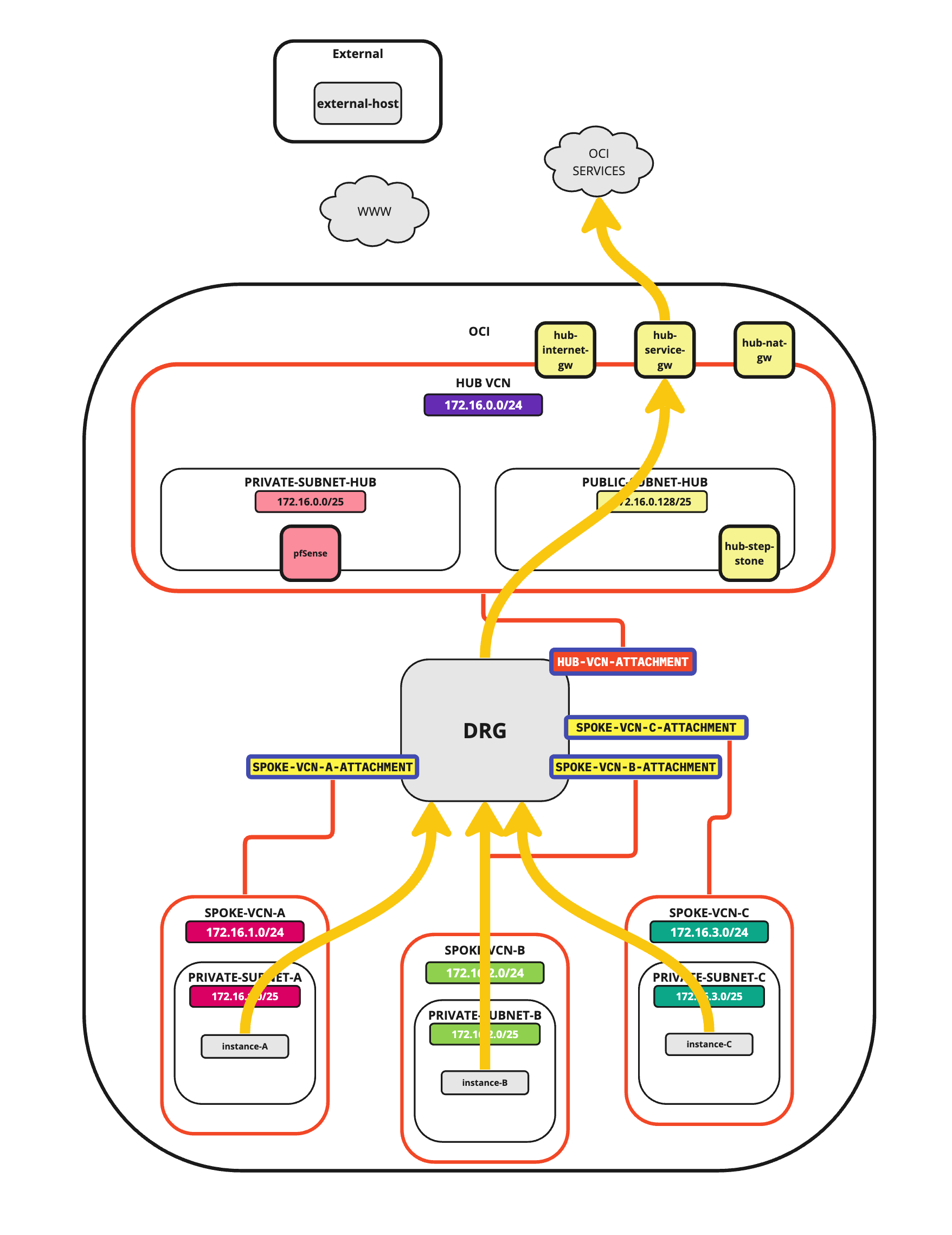

L'instradamento tramite hub e spoke all'interno di un provider cloud può essere confuso e difficile da configurare. Per raggiungere questo obiettivo, è necessario configurare più oggetti con diversi tipi di configurazione. L'instradamento della rete e la sicurezza della rete su più livelli all'interno del cloud creano confusione.

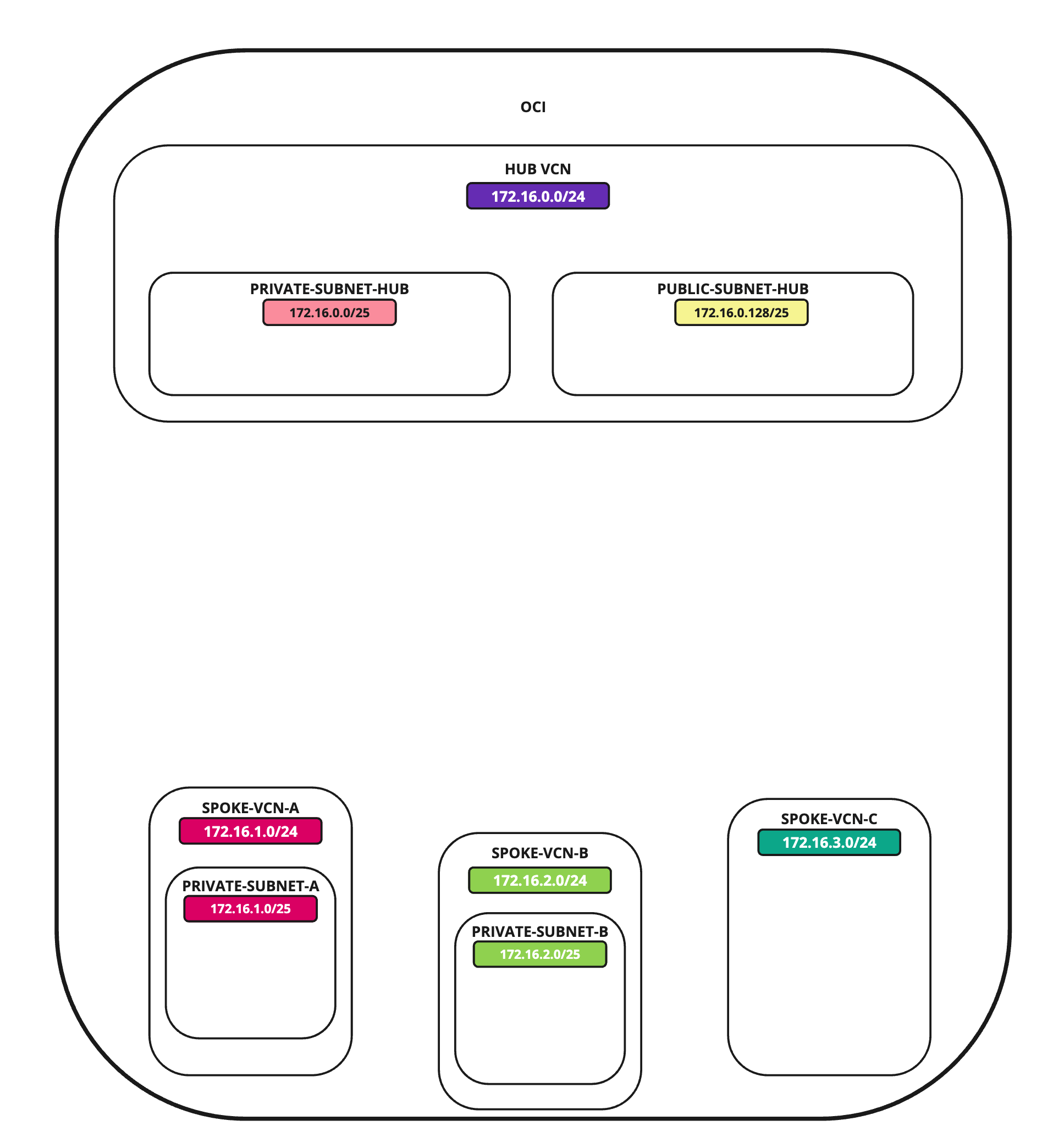

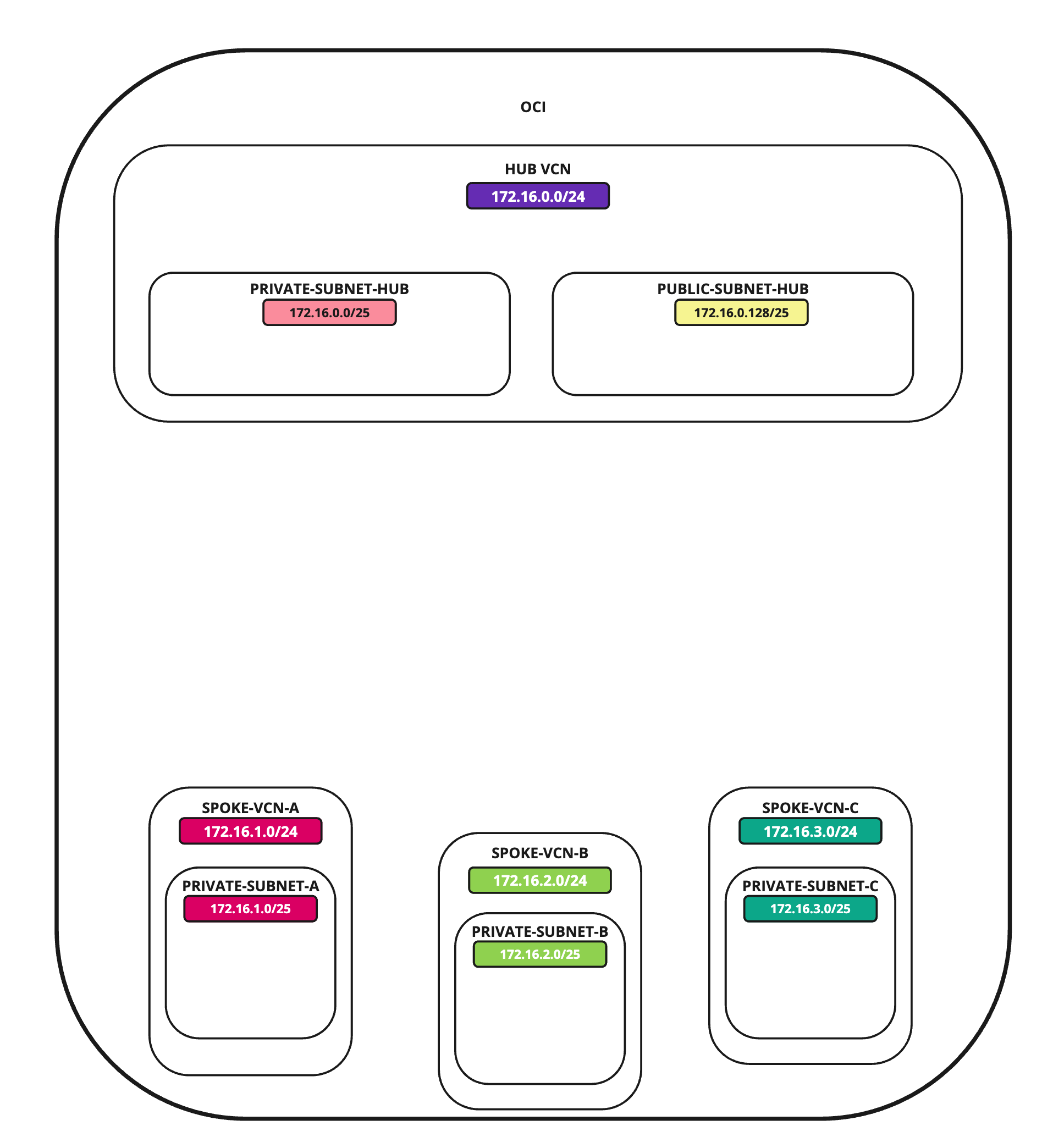

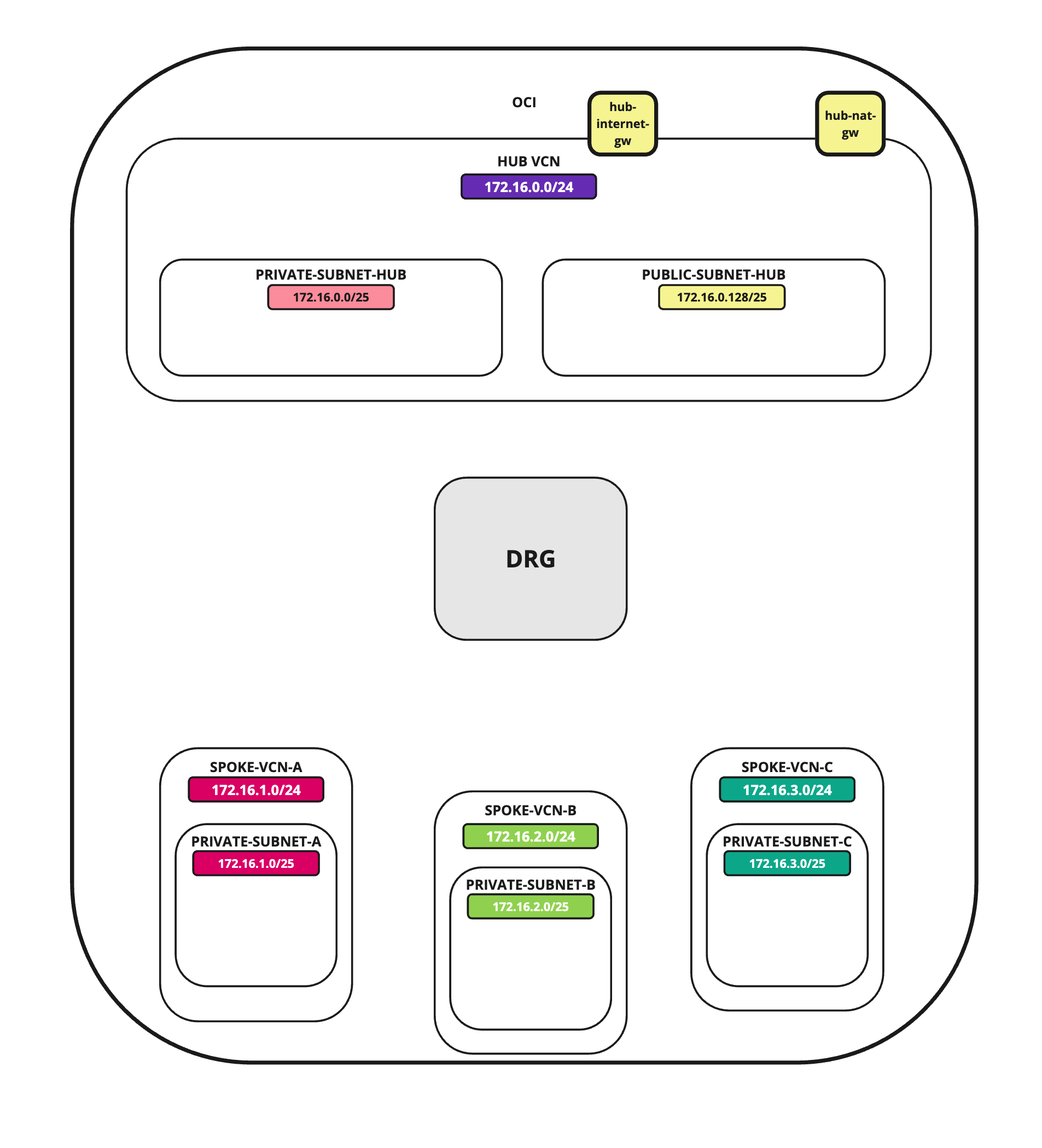

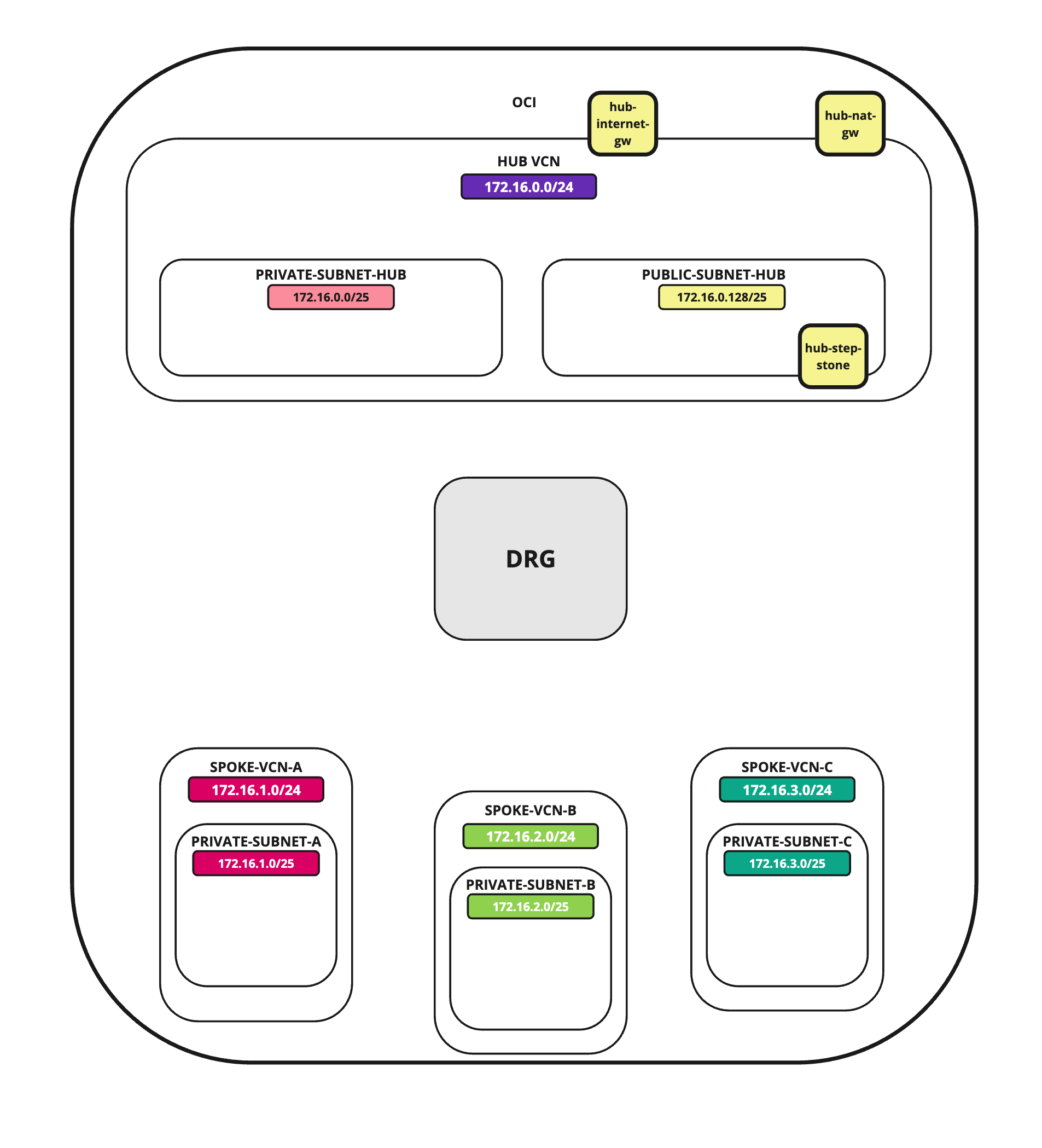

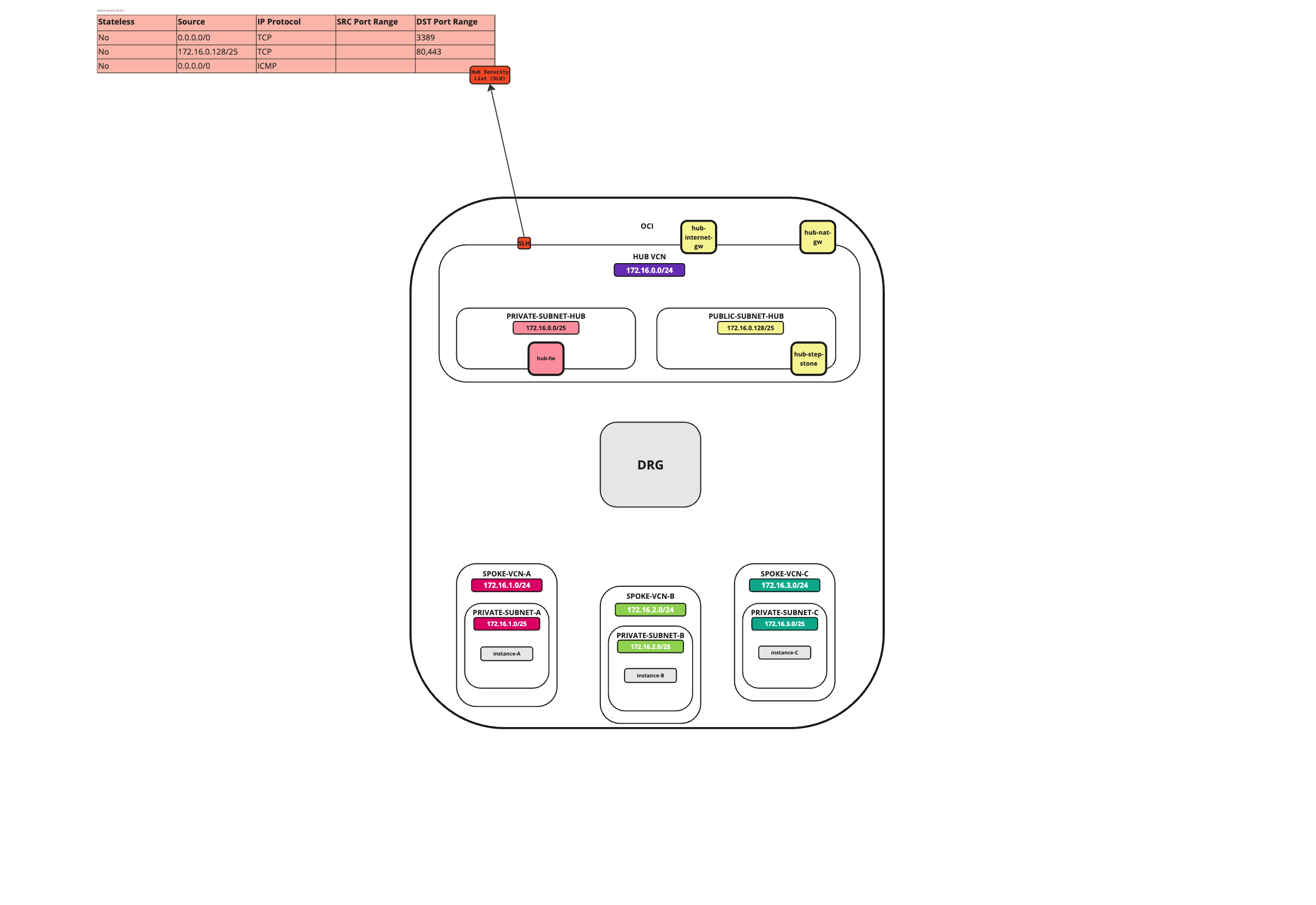

In questa esercitazione verrà spiegato come configurare una VCN hub con VCN a tre spoke. La VCN hub conterrà il firewall pfSense e la connessione a Internet e alla rete dei servizi OCI. Tutto il traffico di rete proveniente dalla VCN spoke in grado di comunicare con altre VCN spoke oppure con Internet o la rete di servizi OCI deve passare la VCN hub per l'ispezione del firewall.

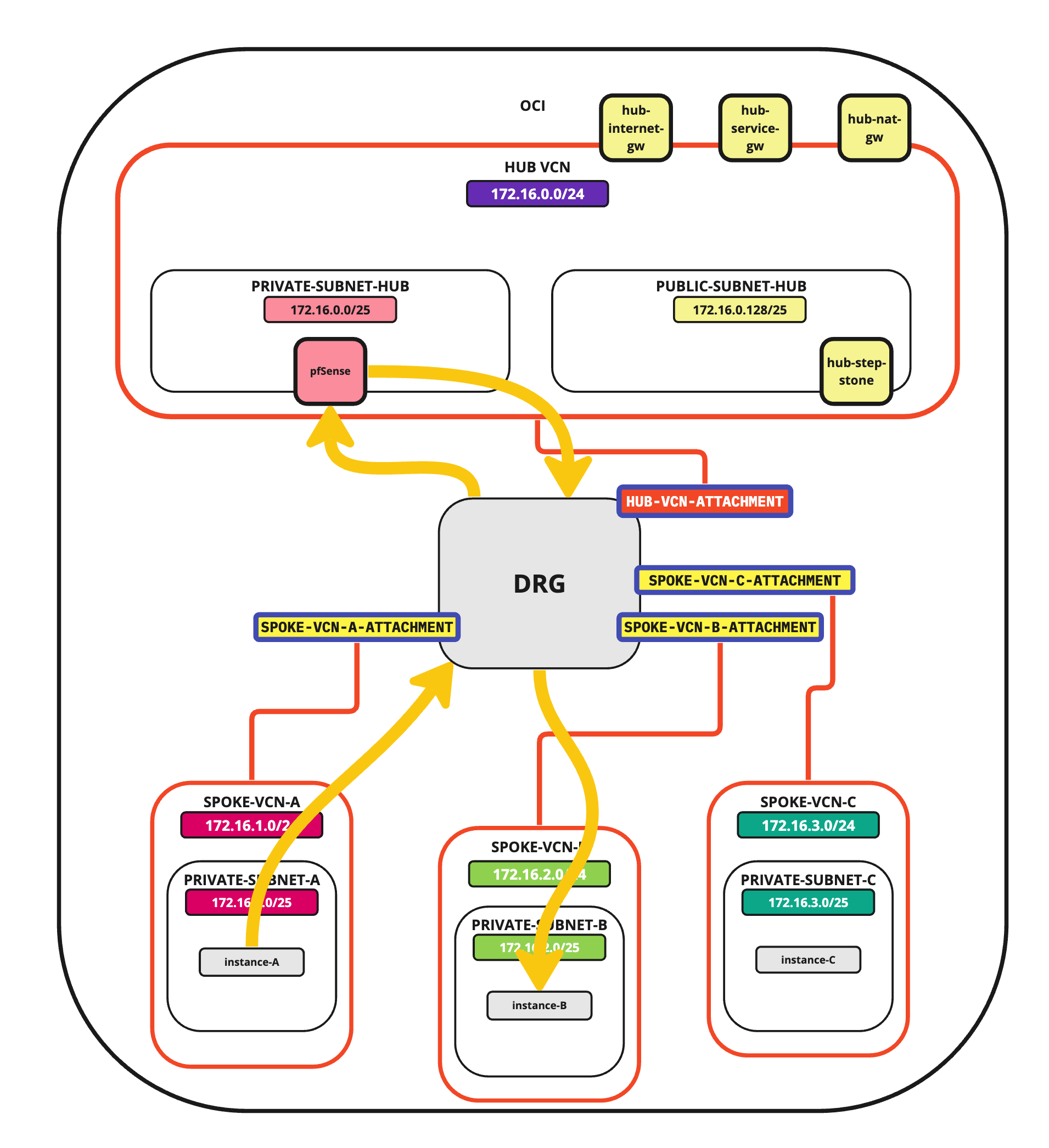

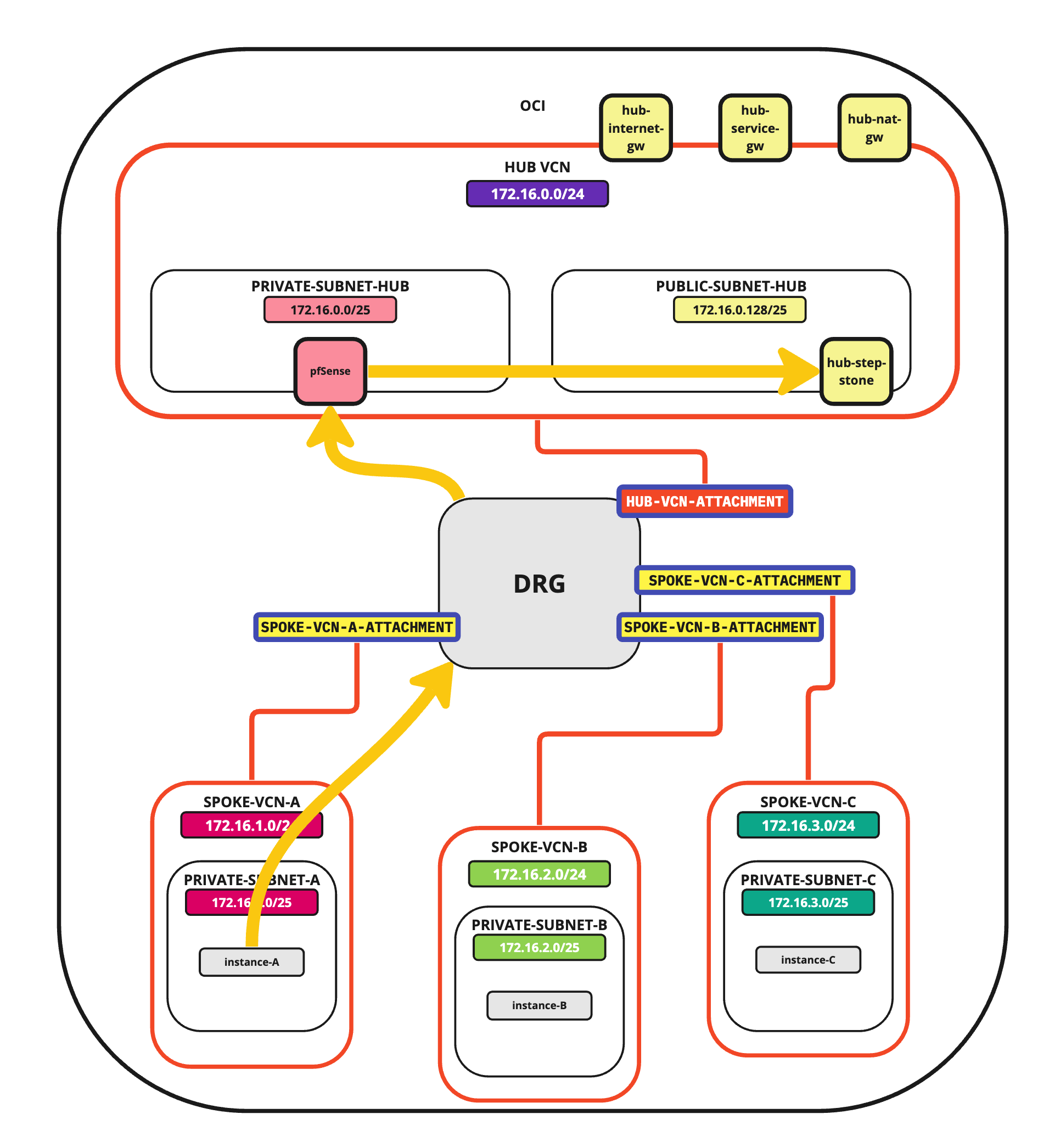

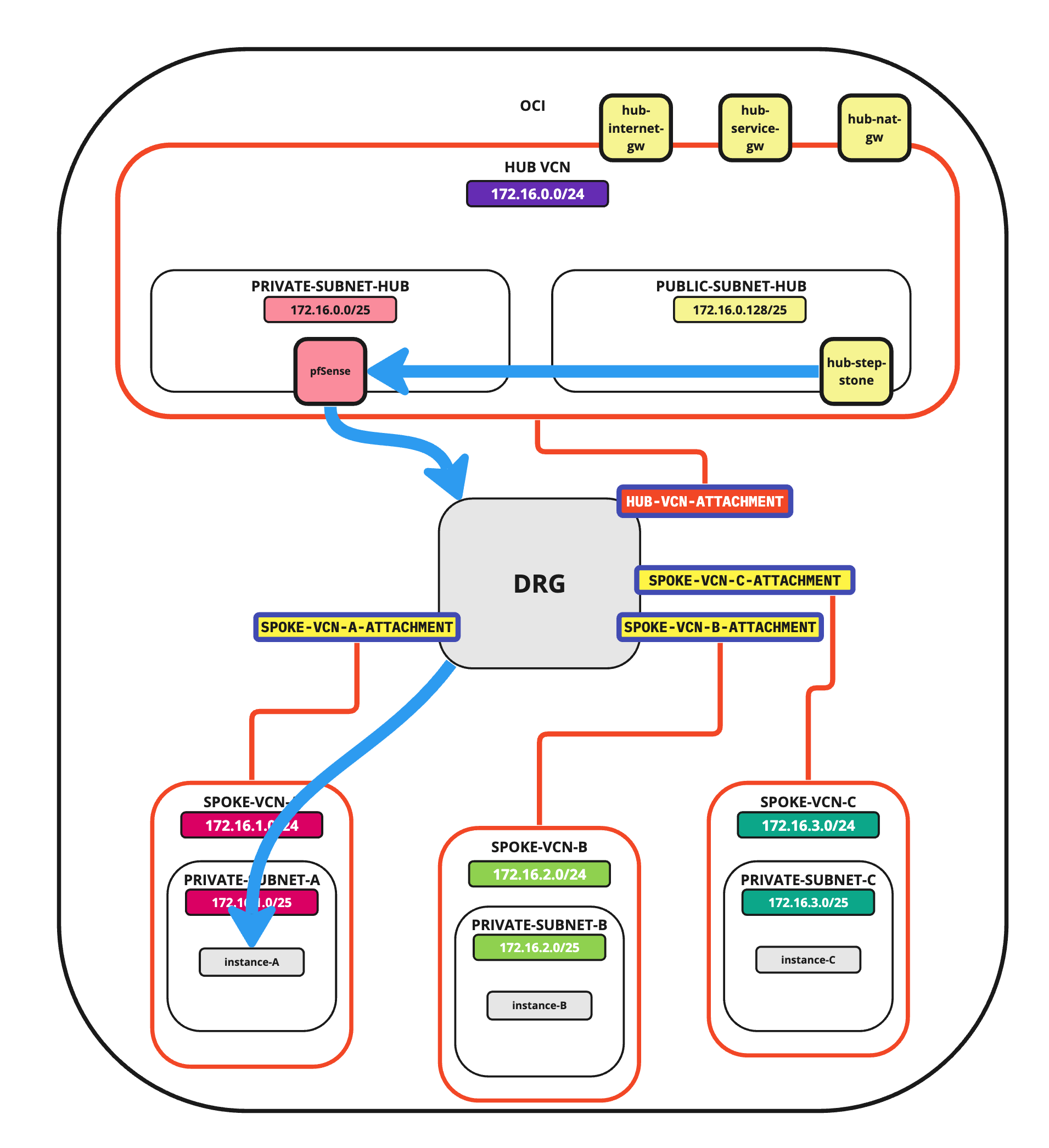

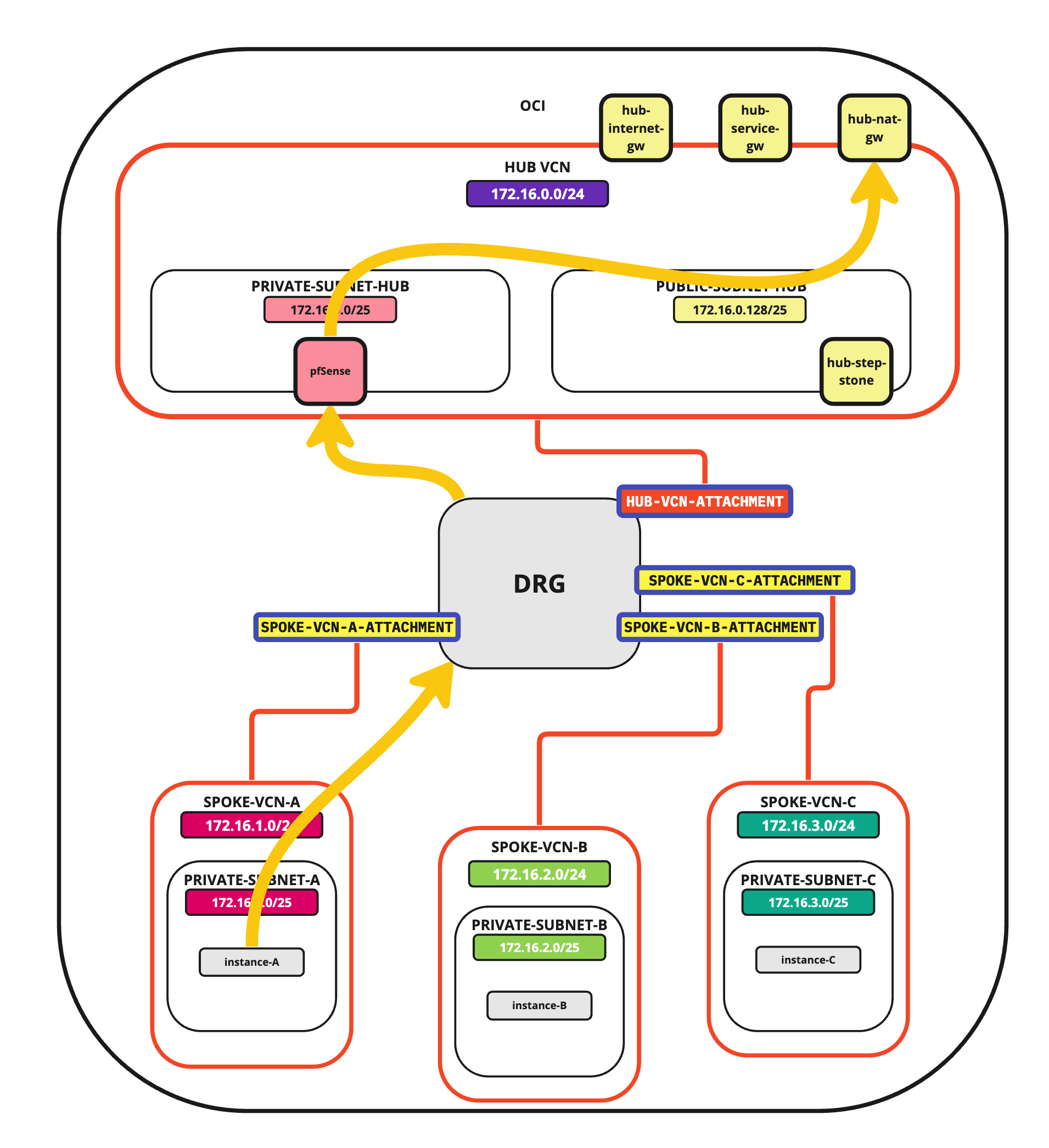

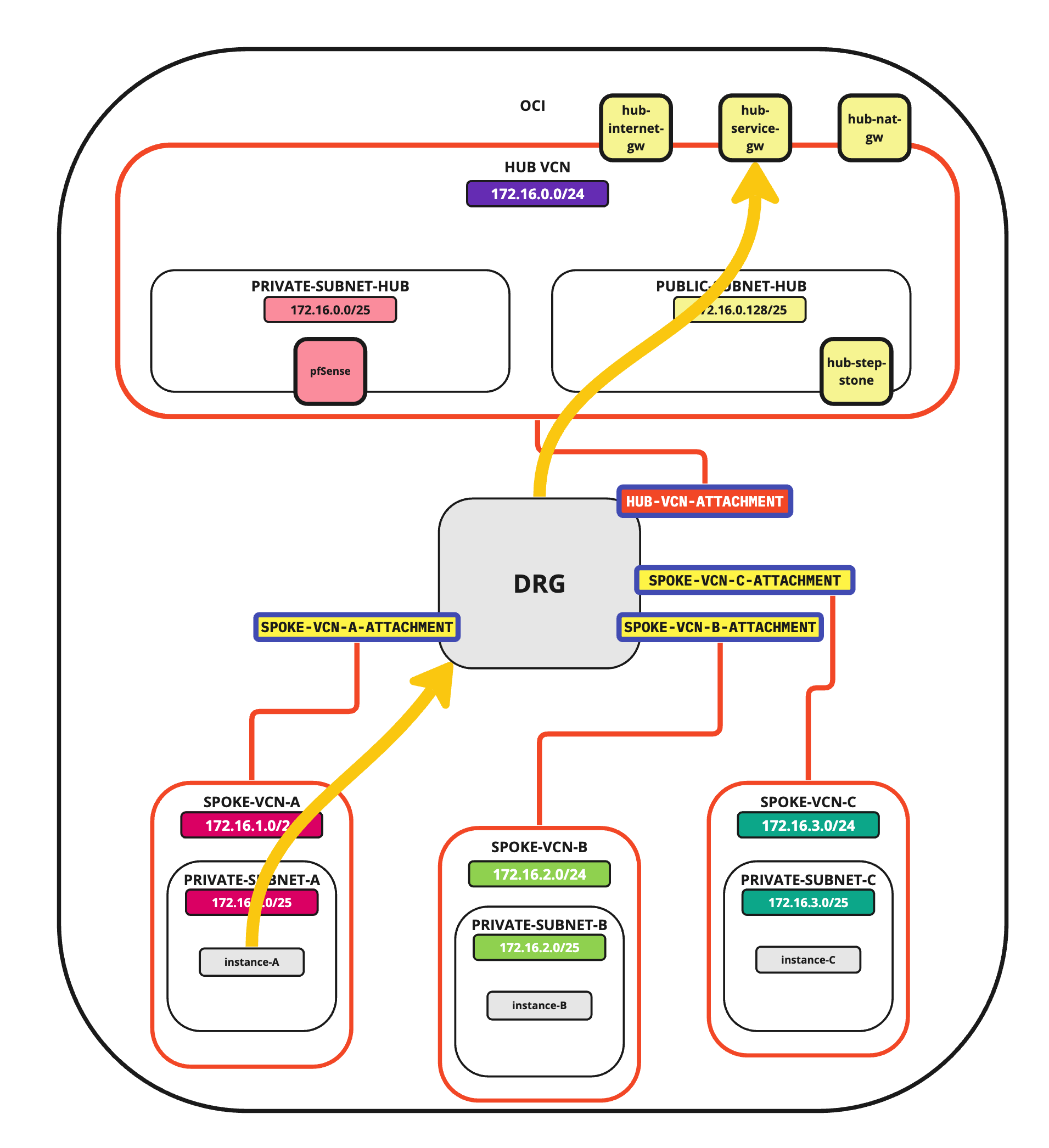

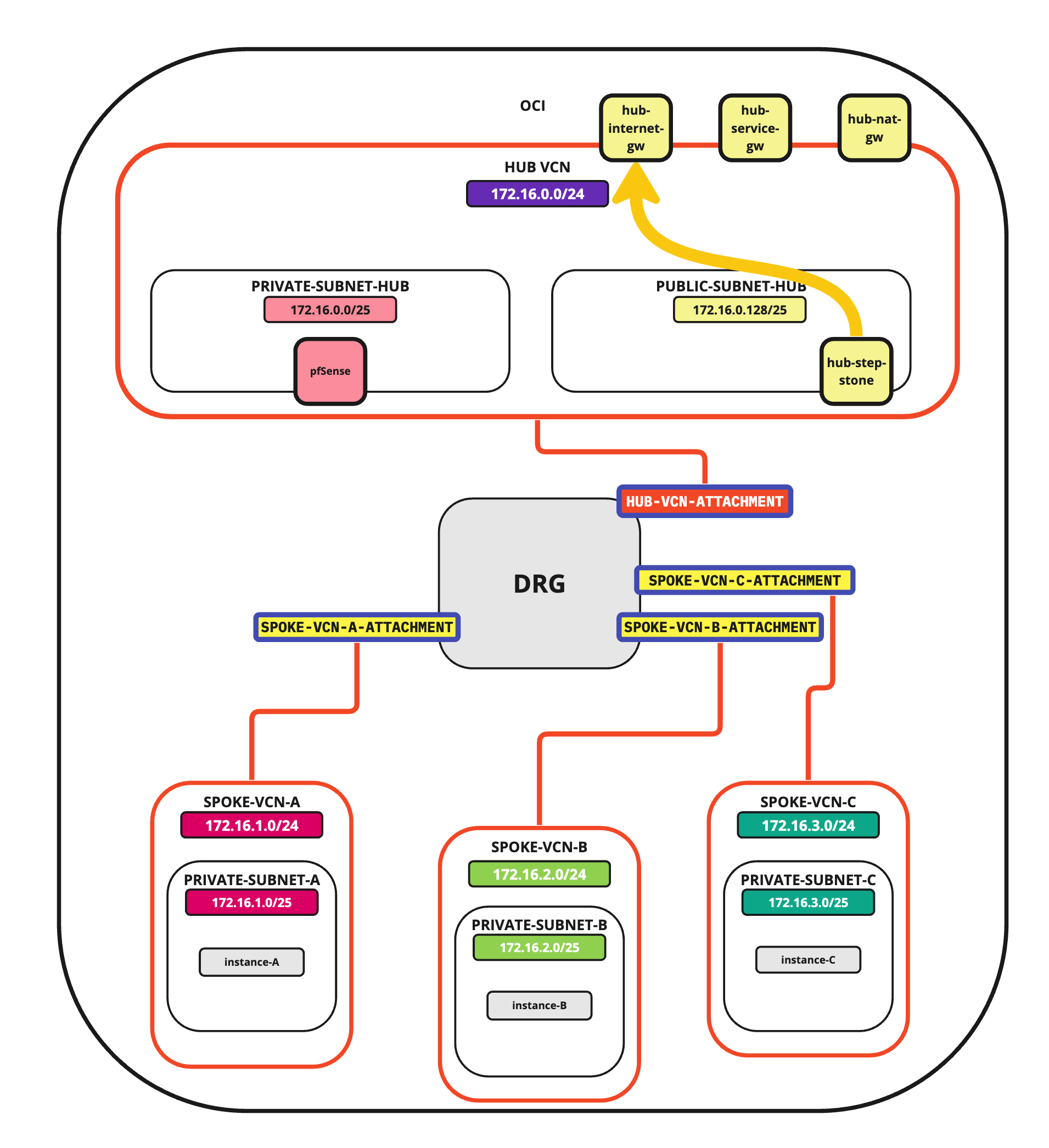

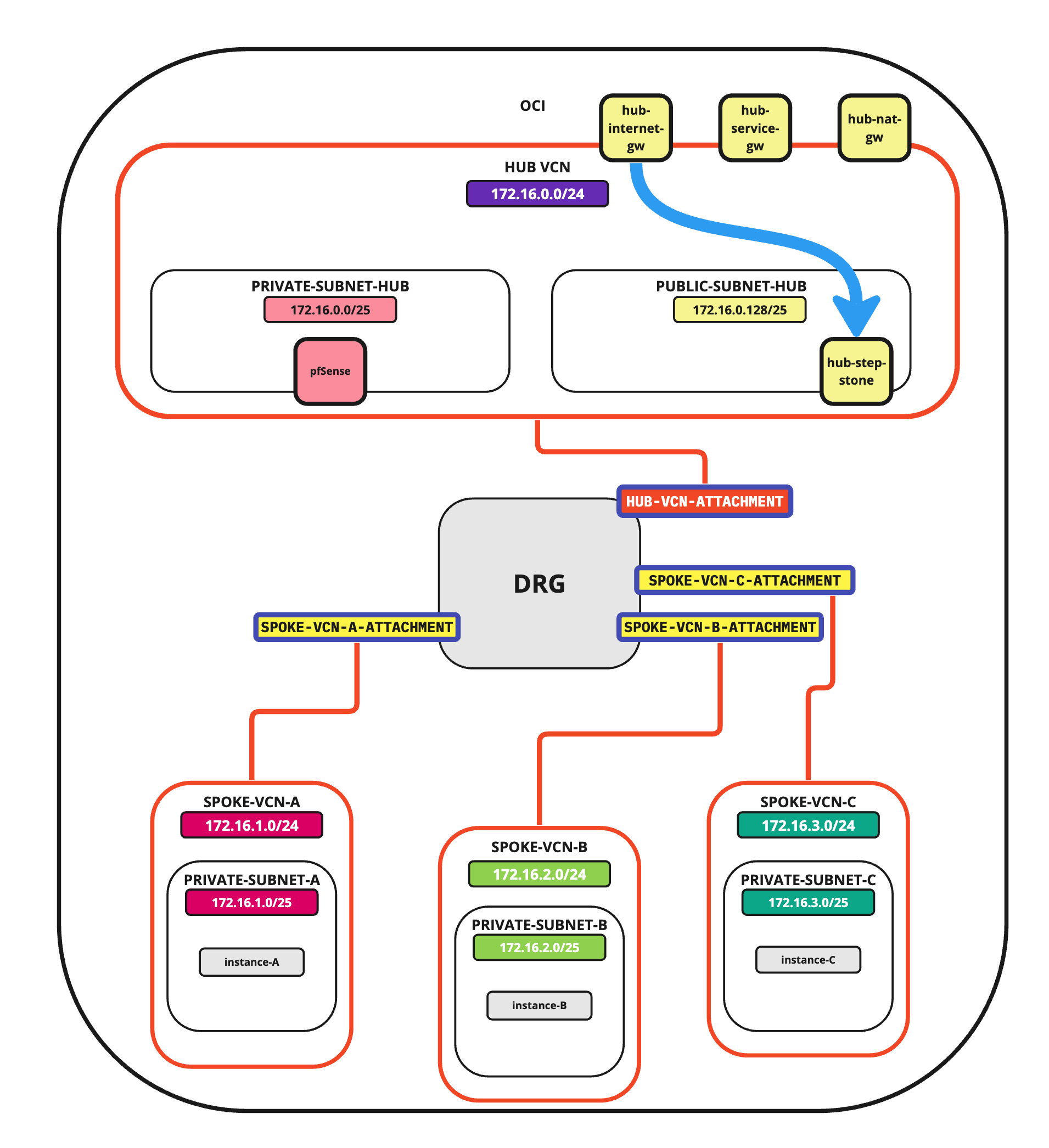

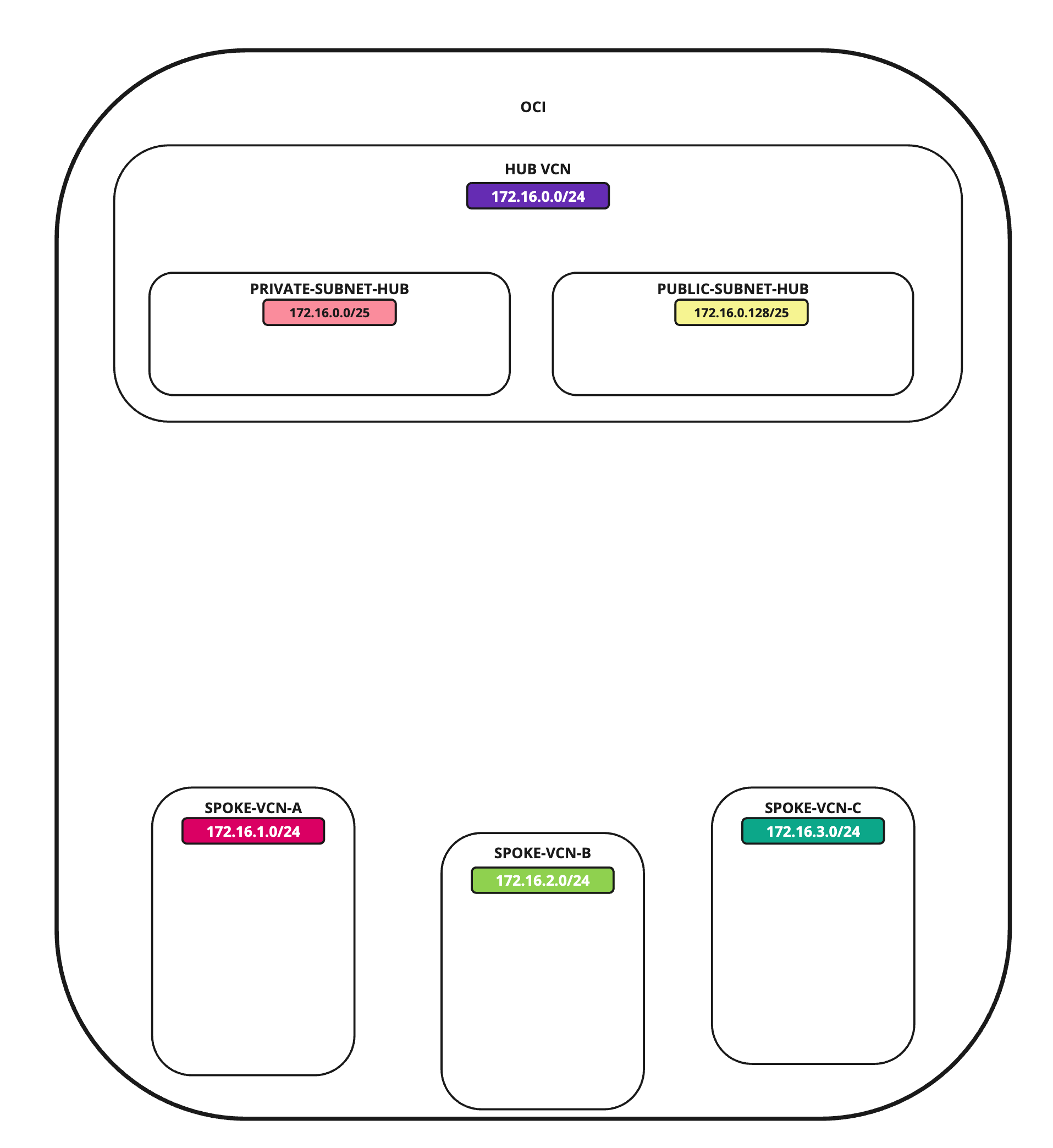

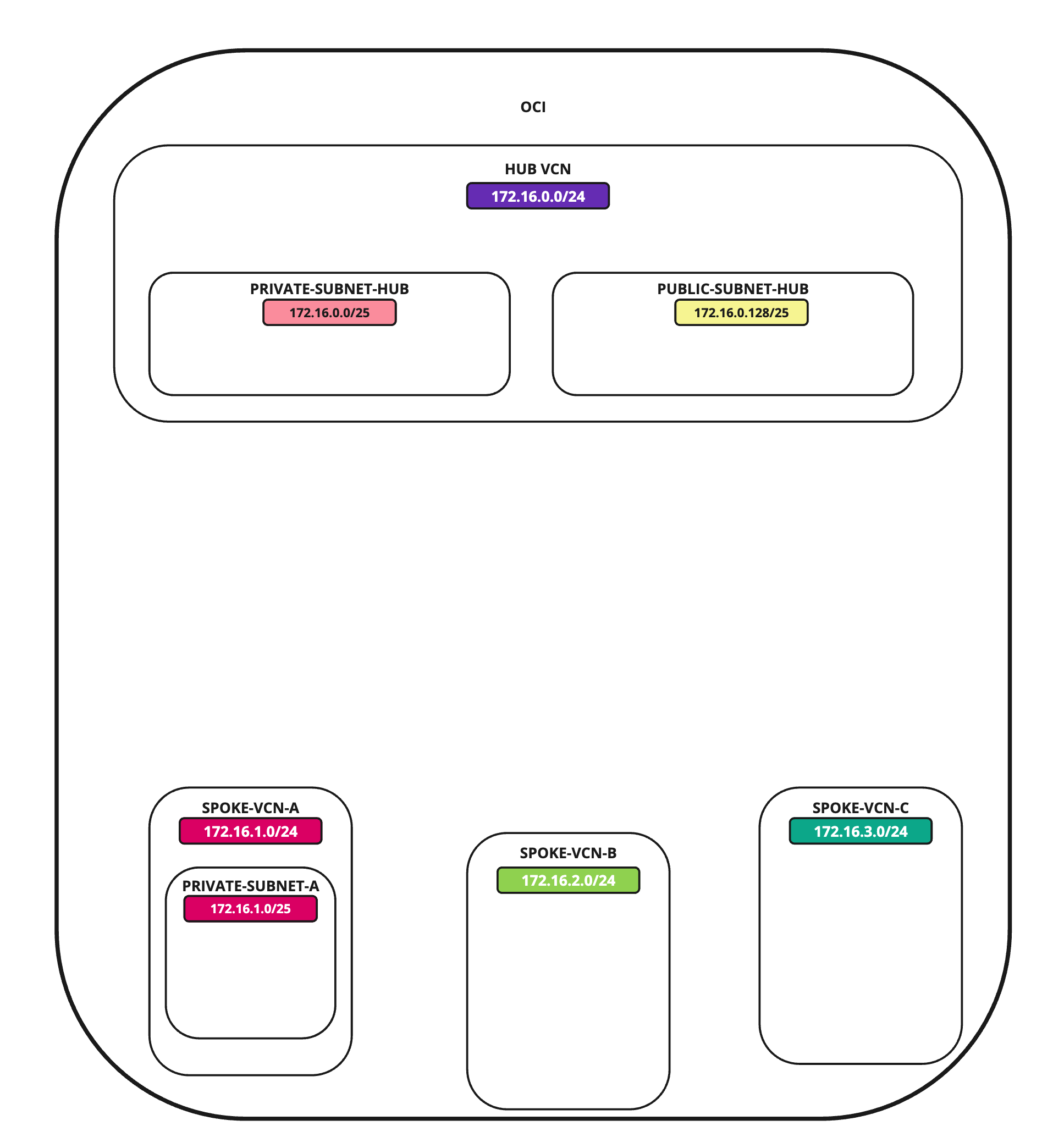

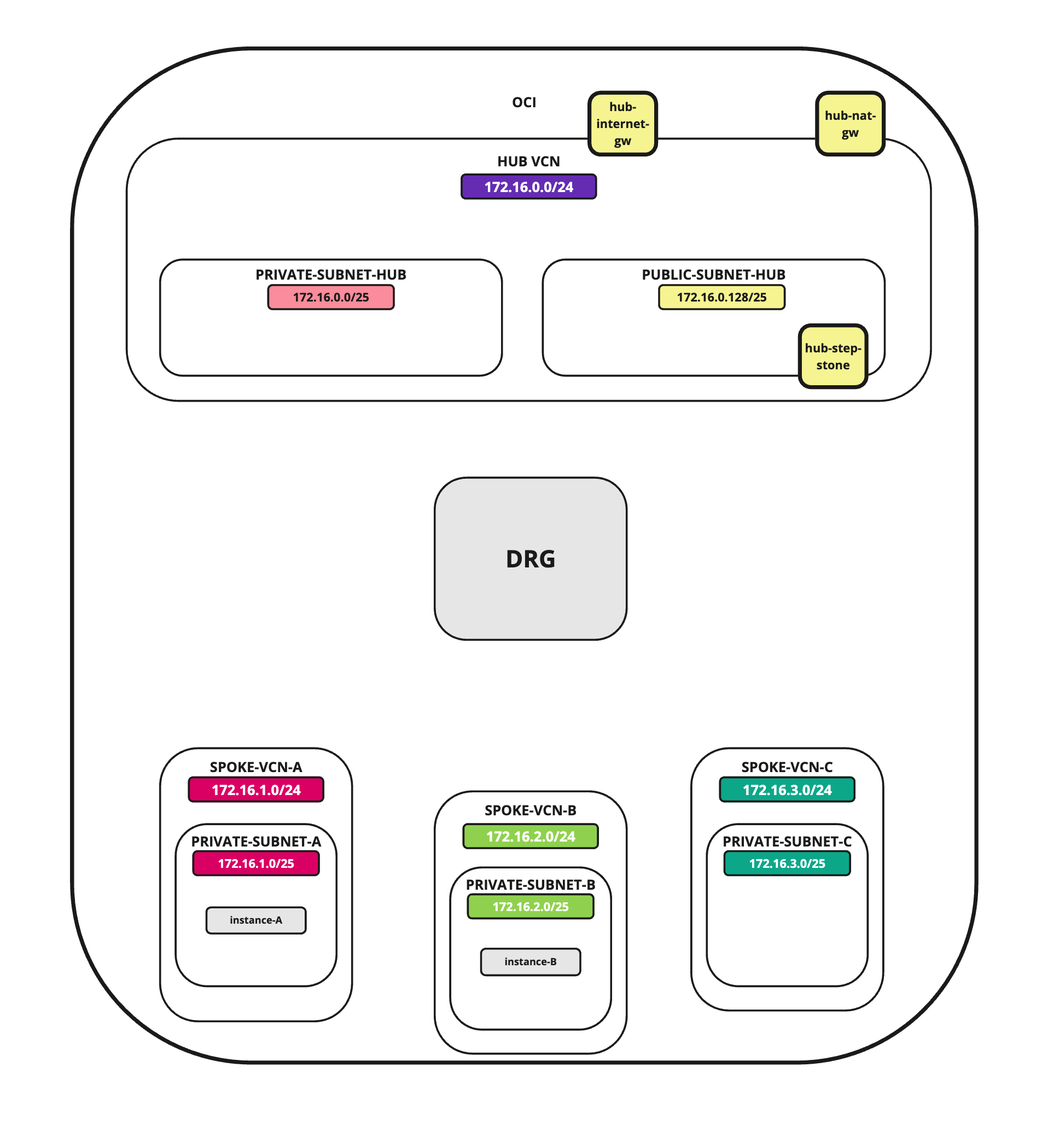

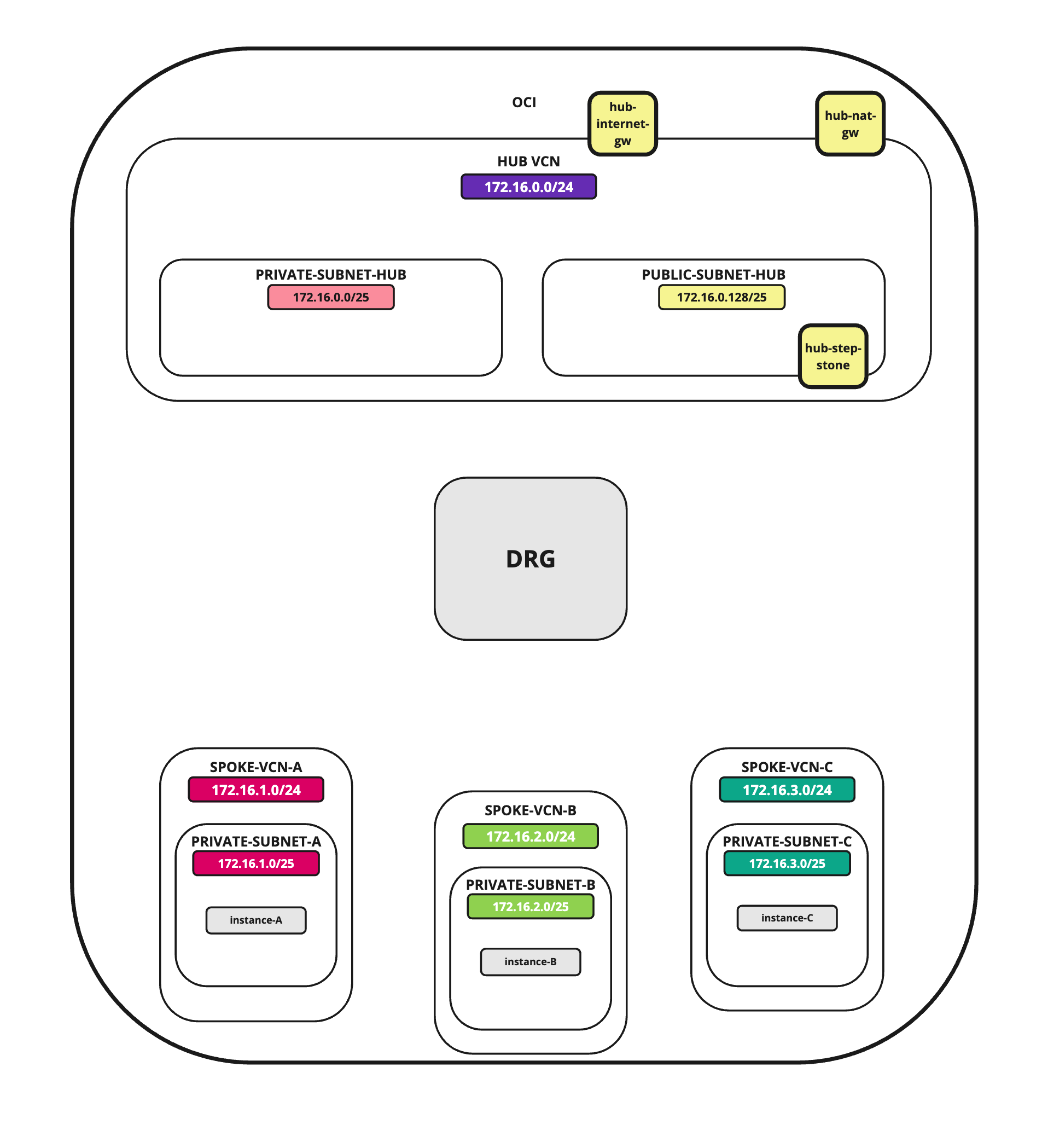

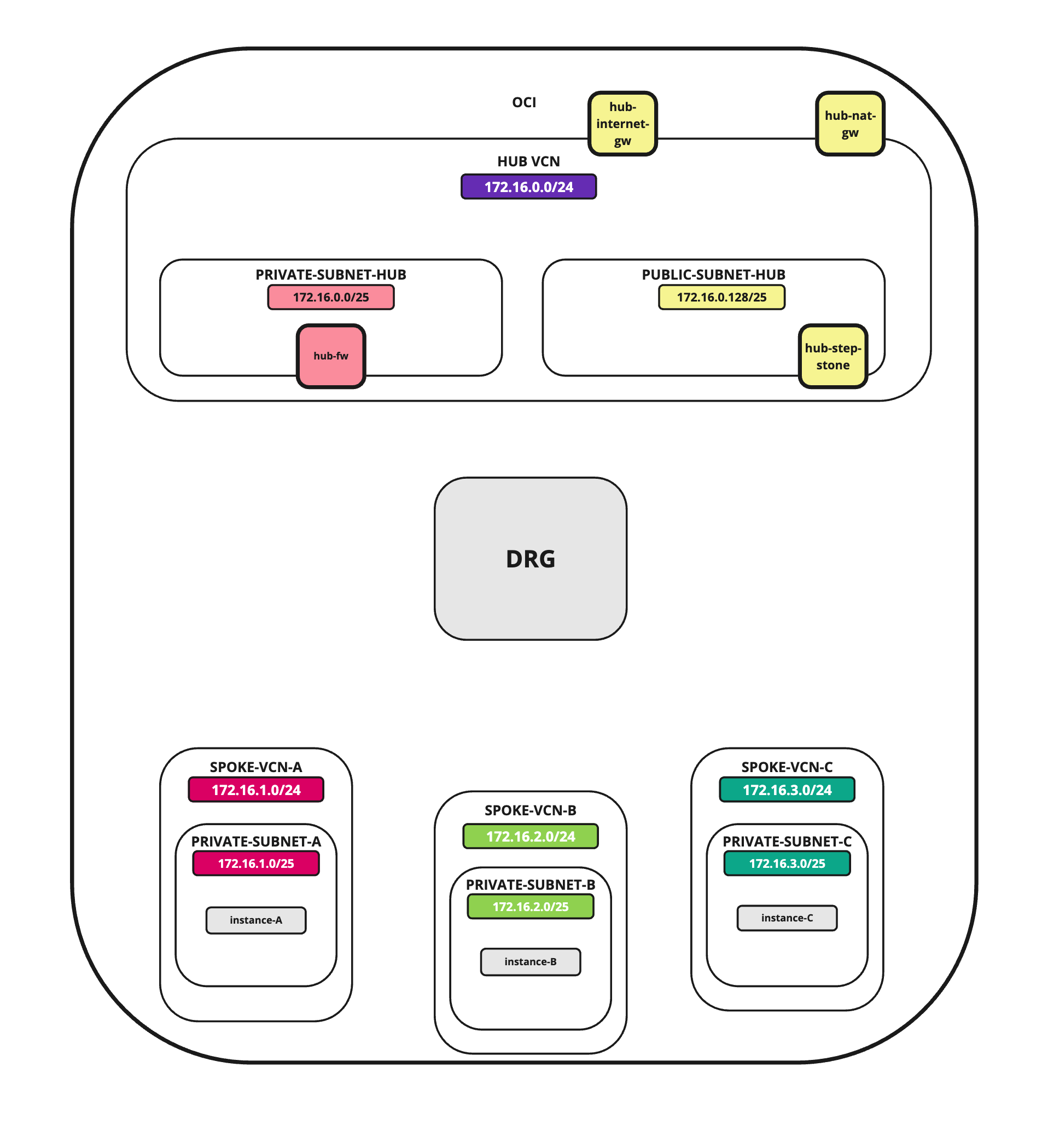

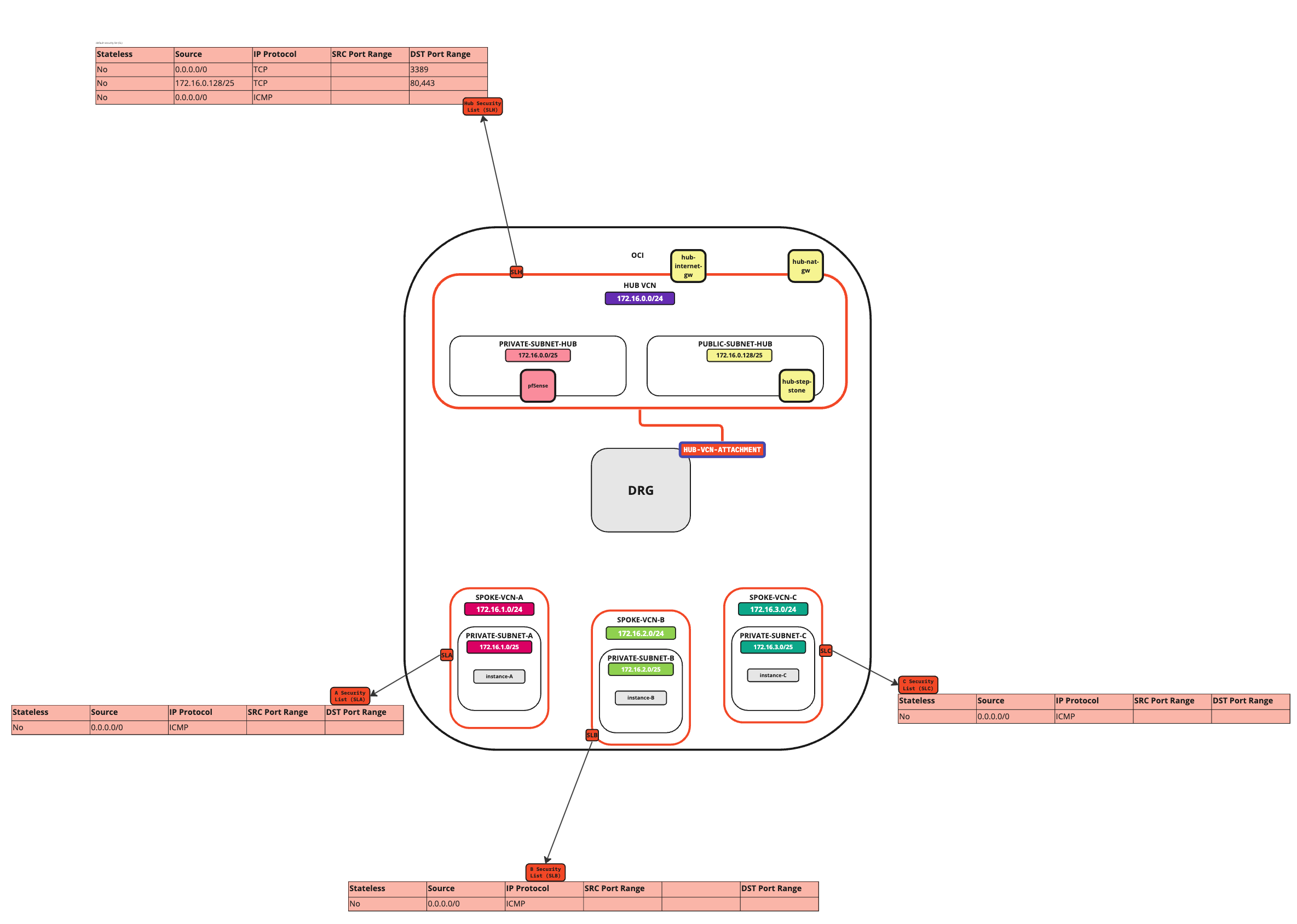

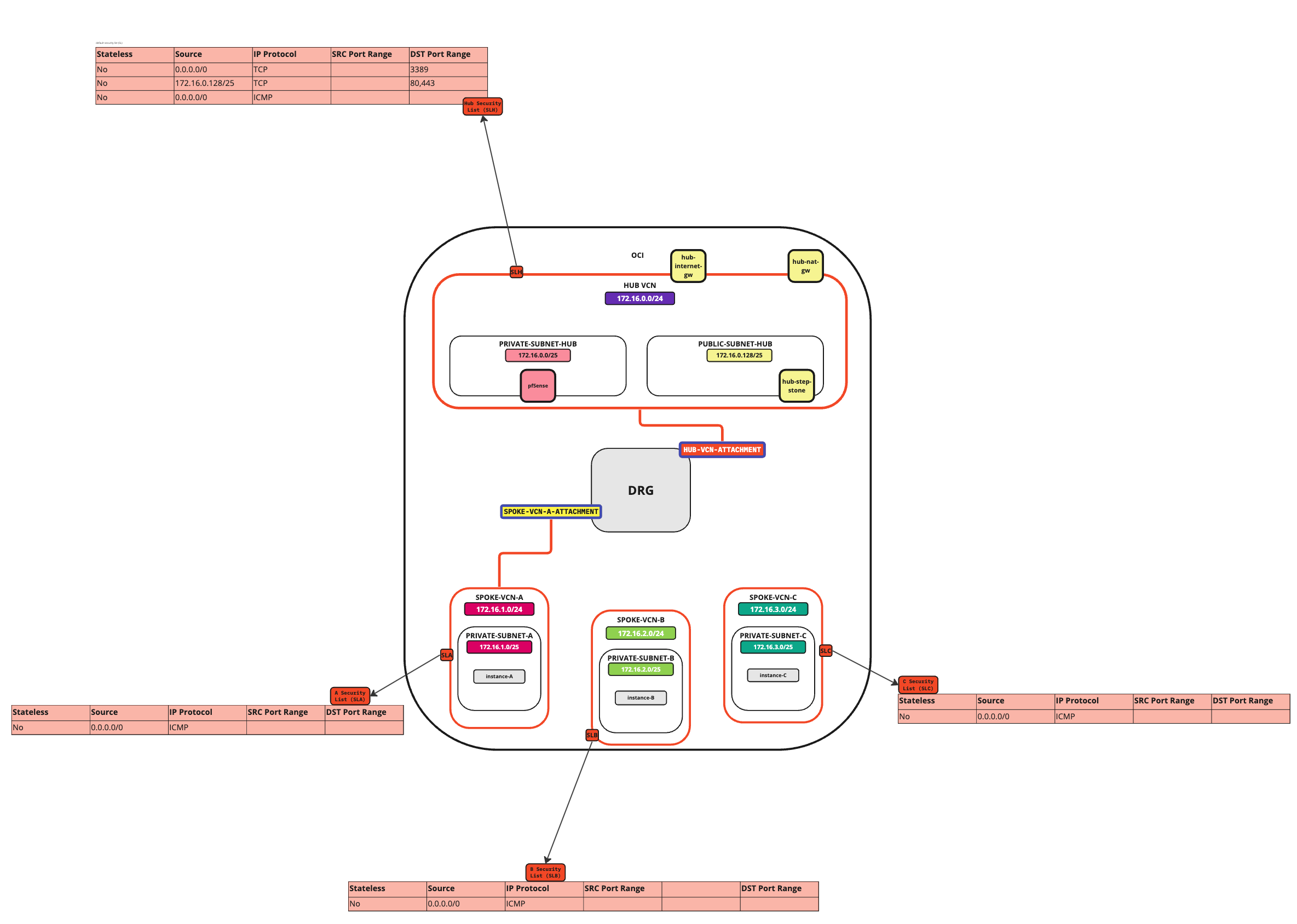

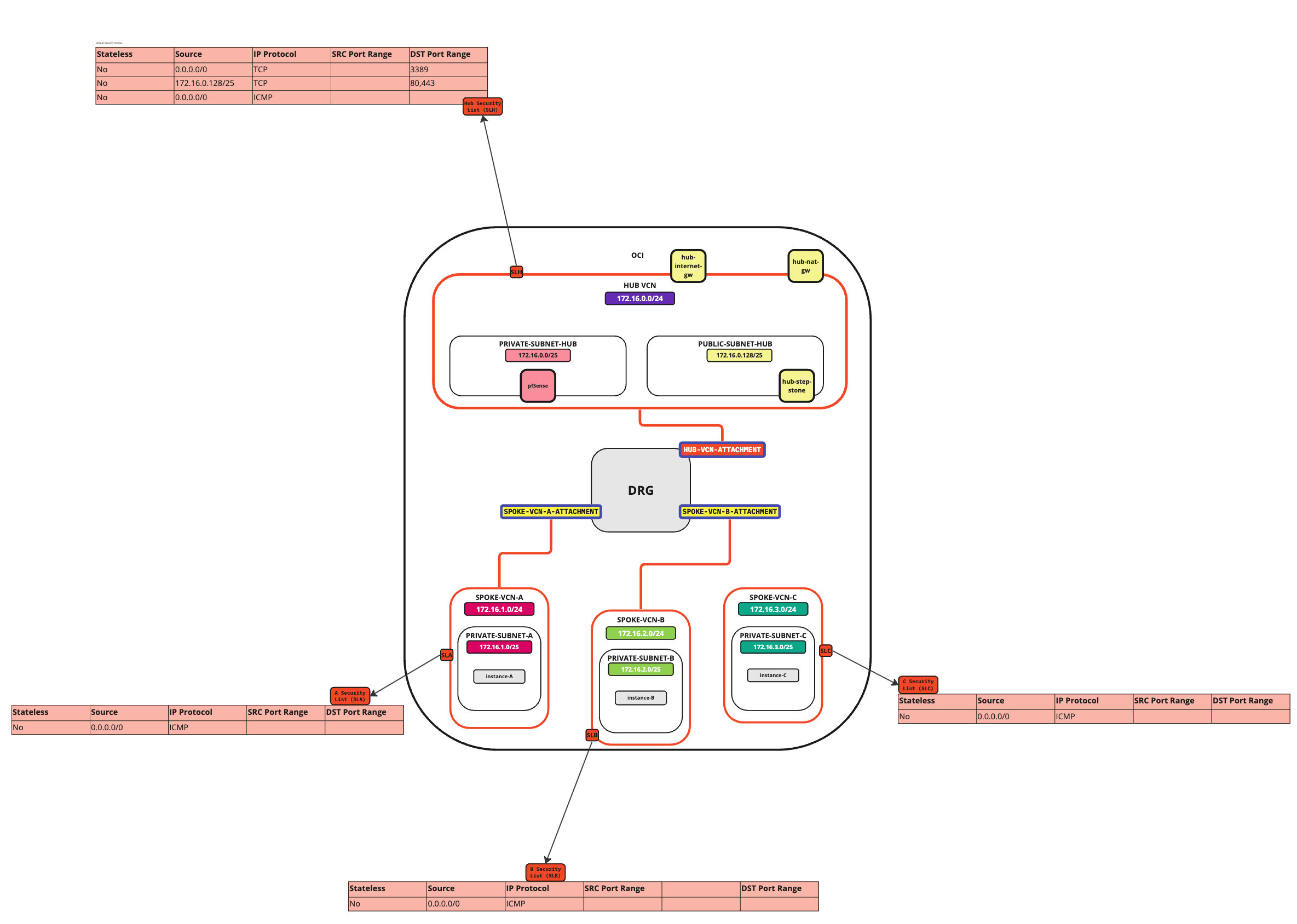

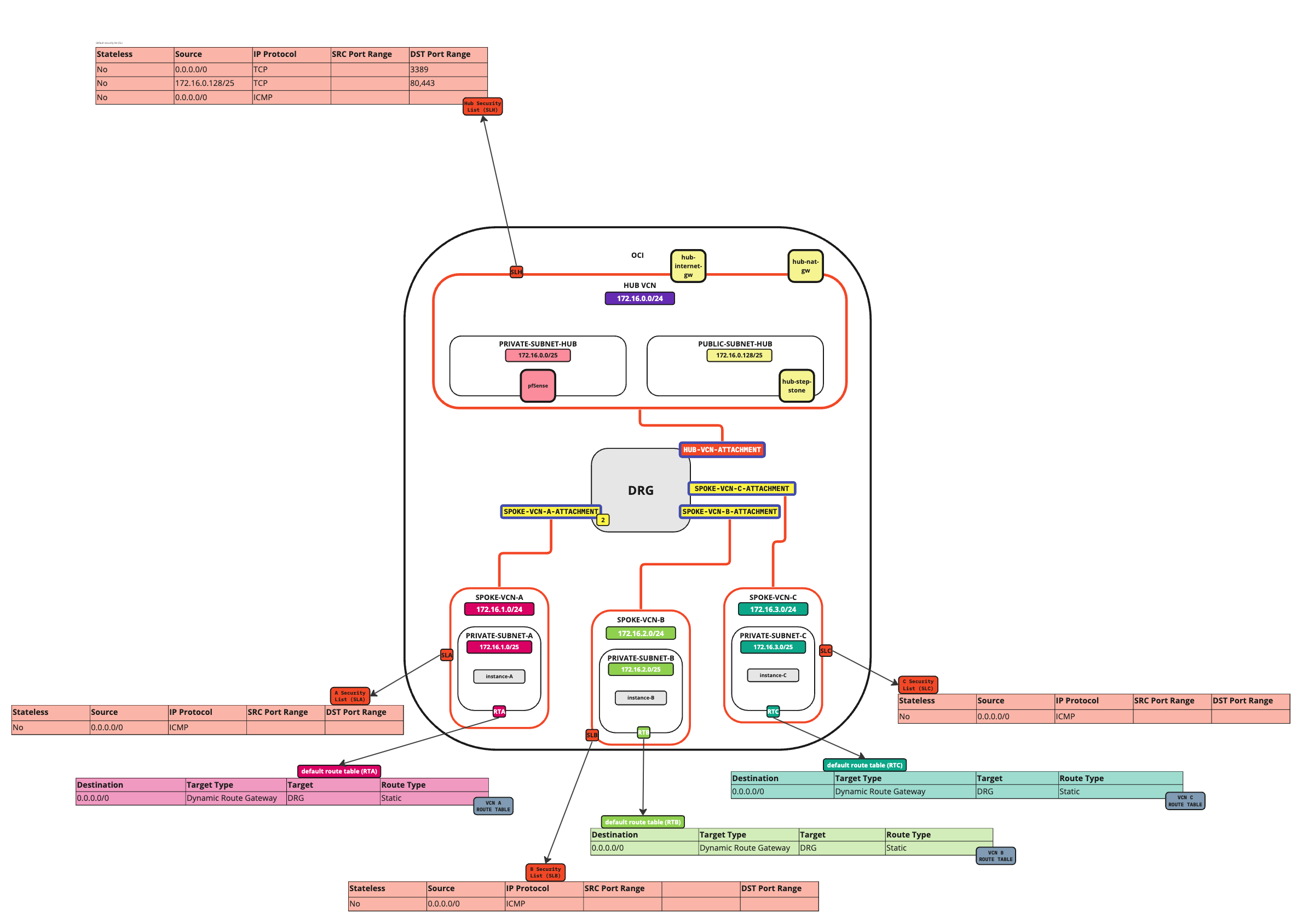

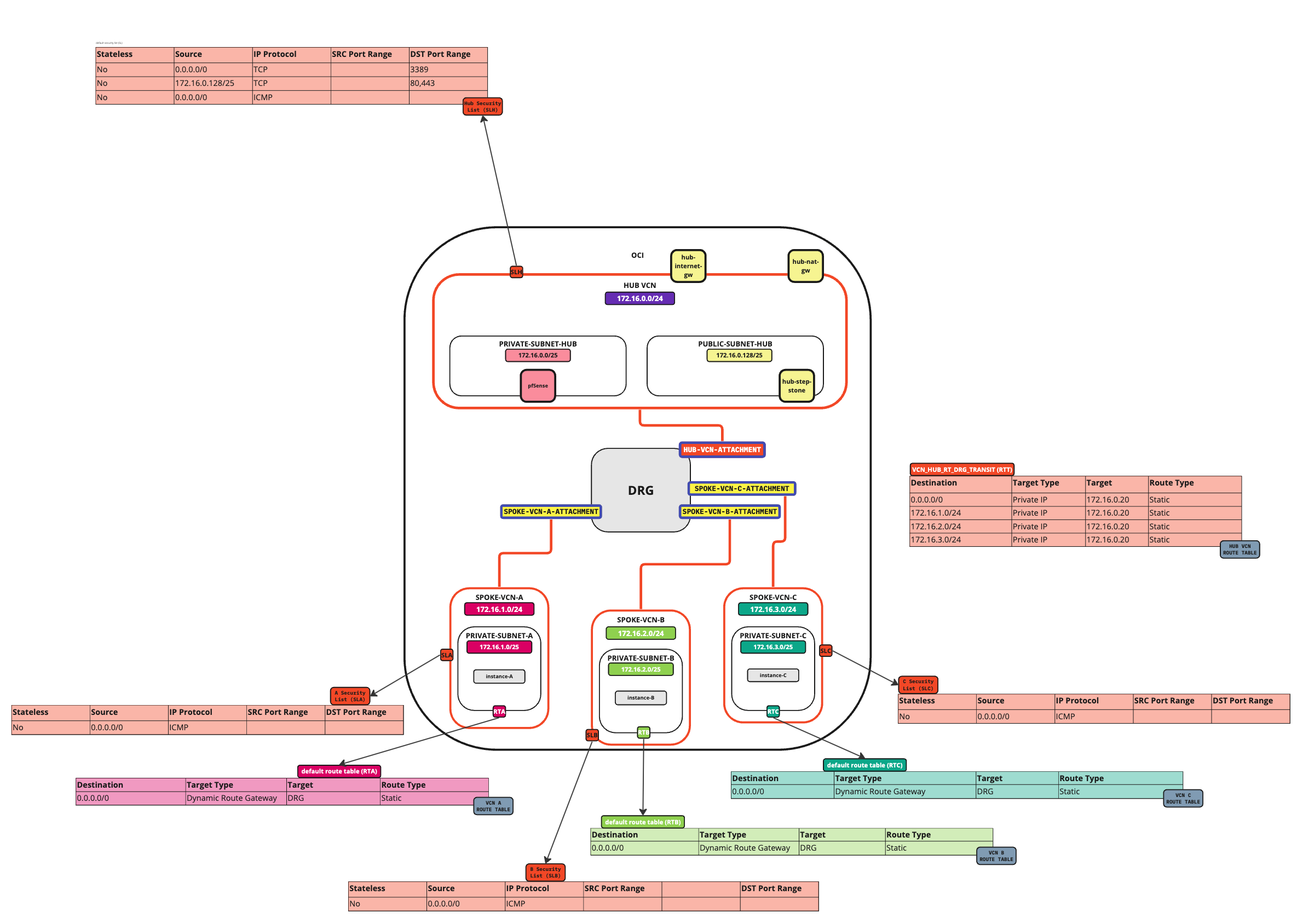

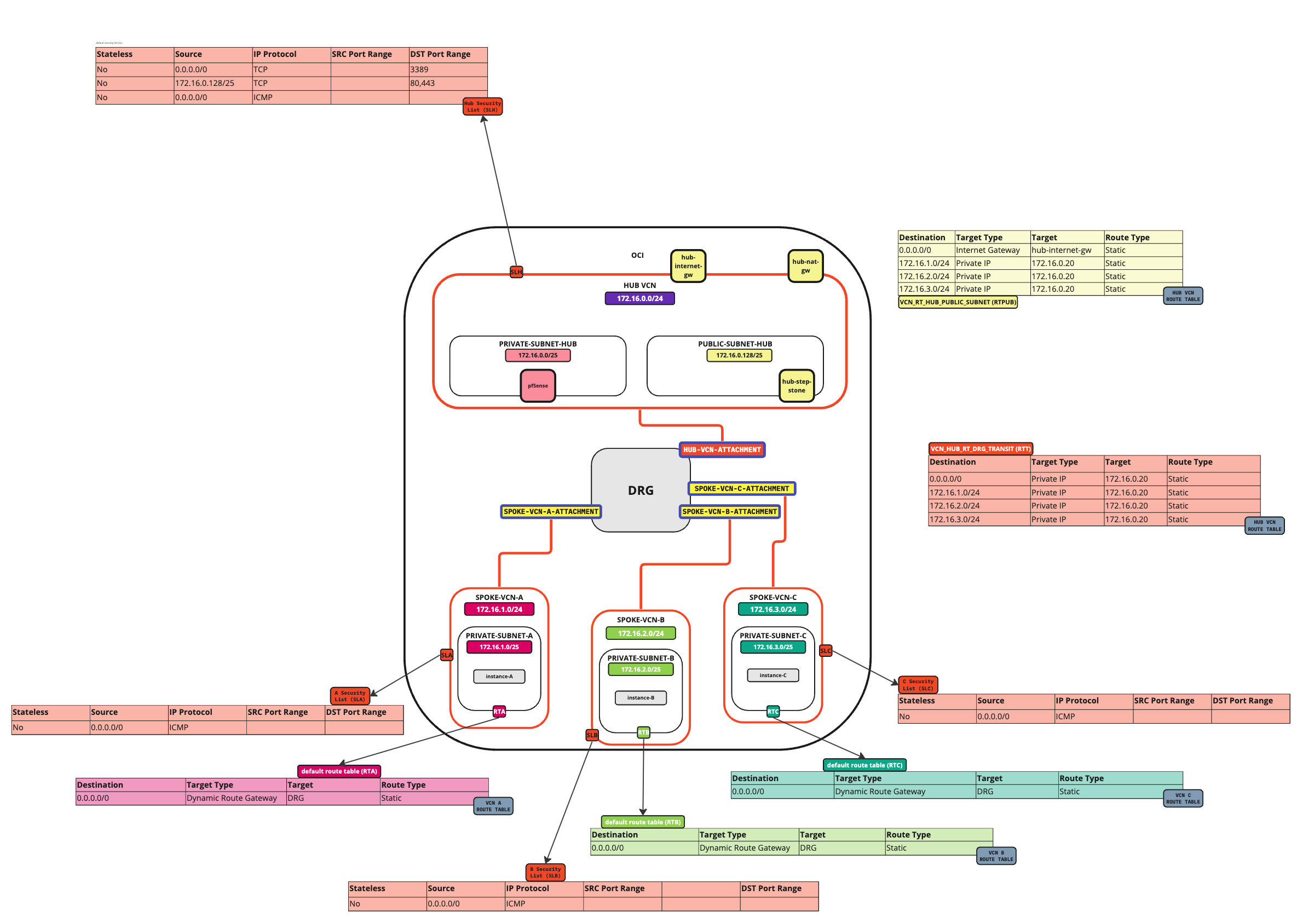

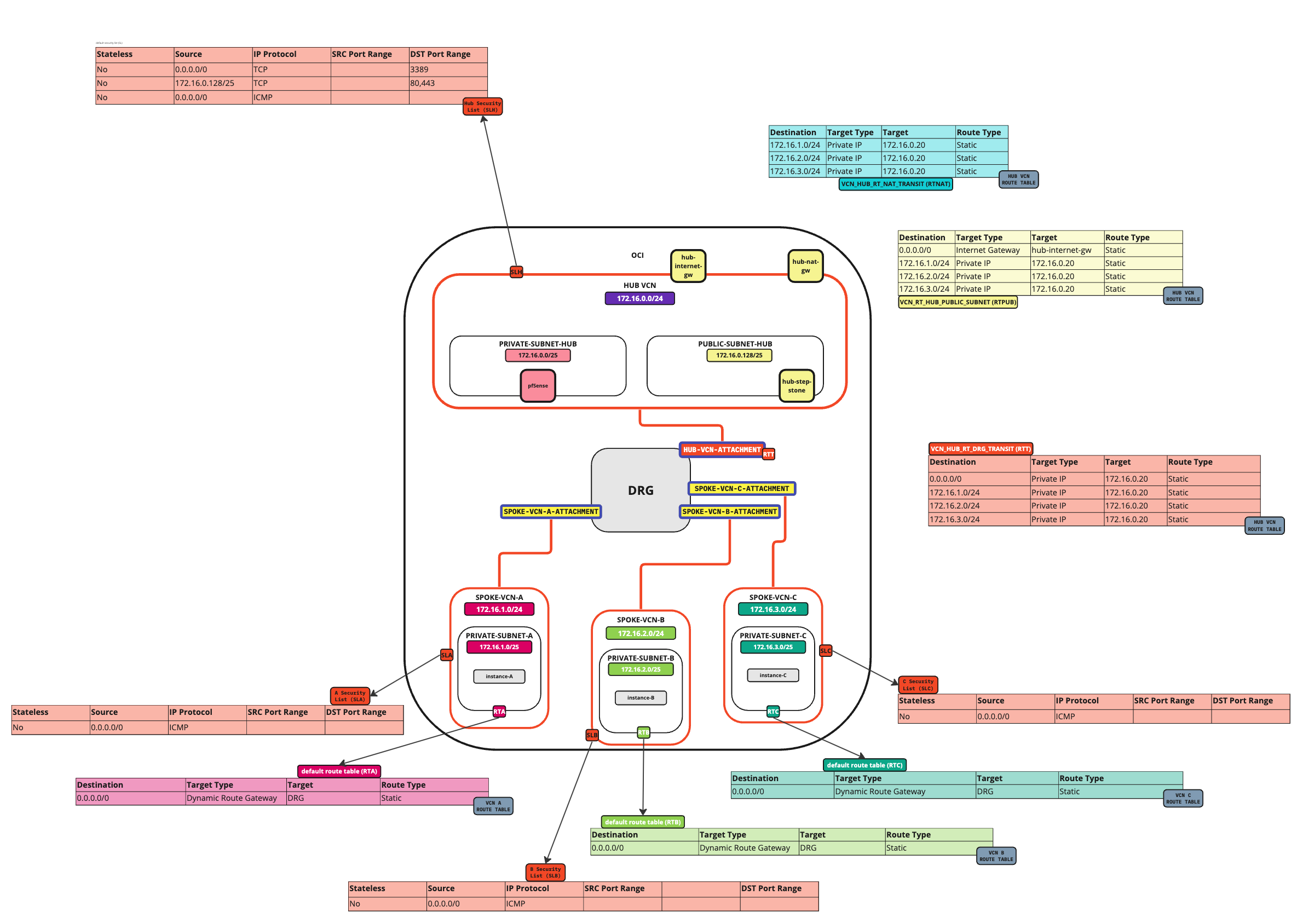

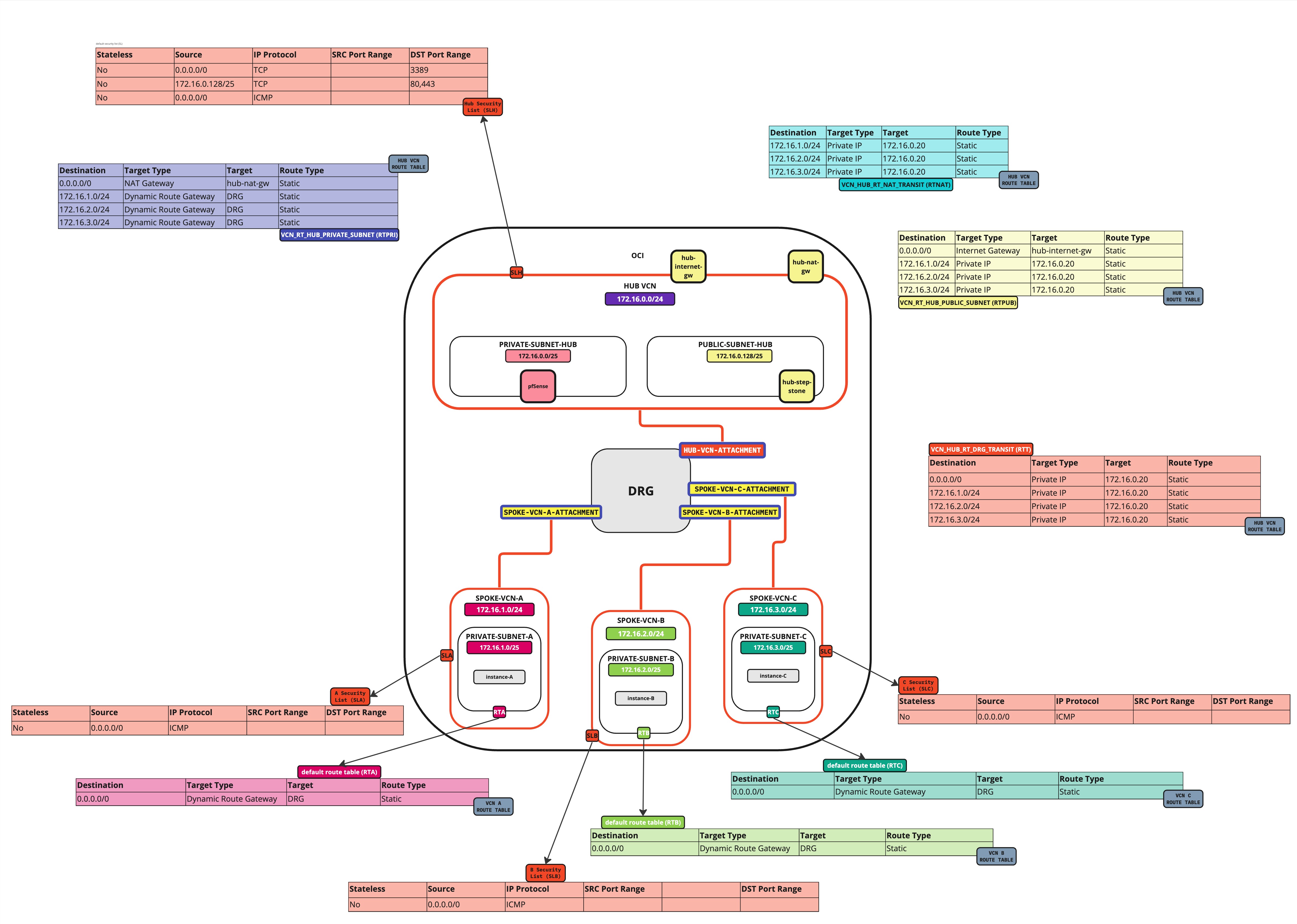

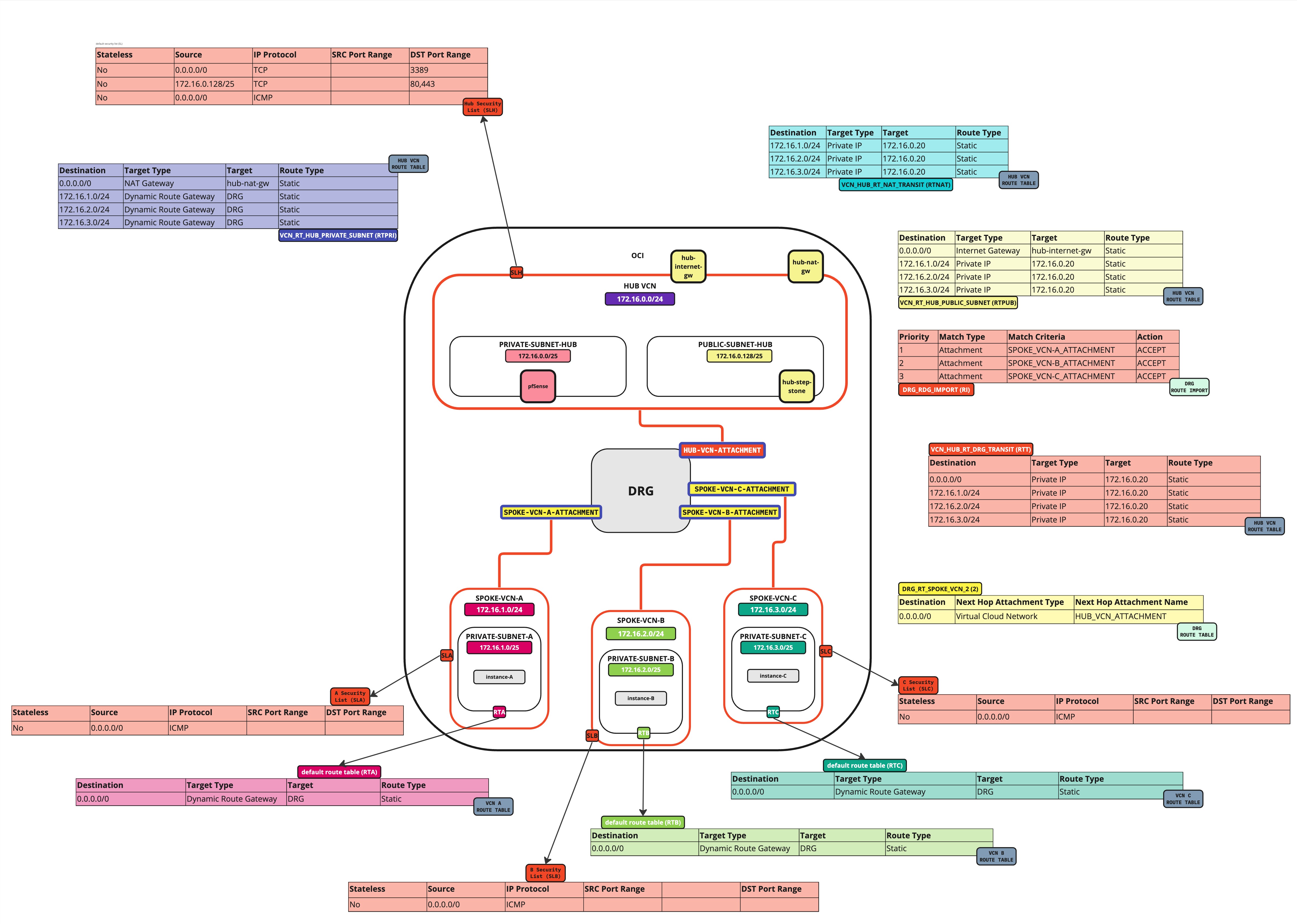

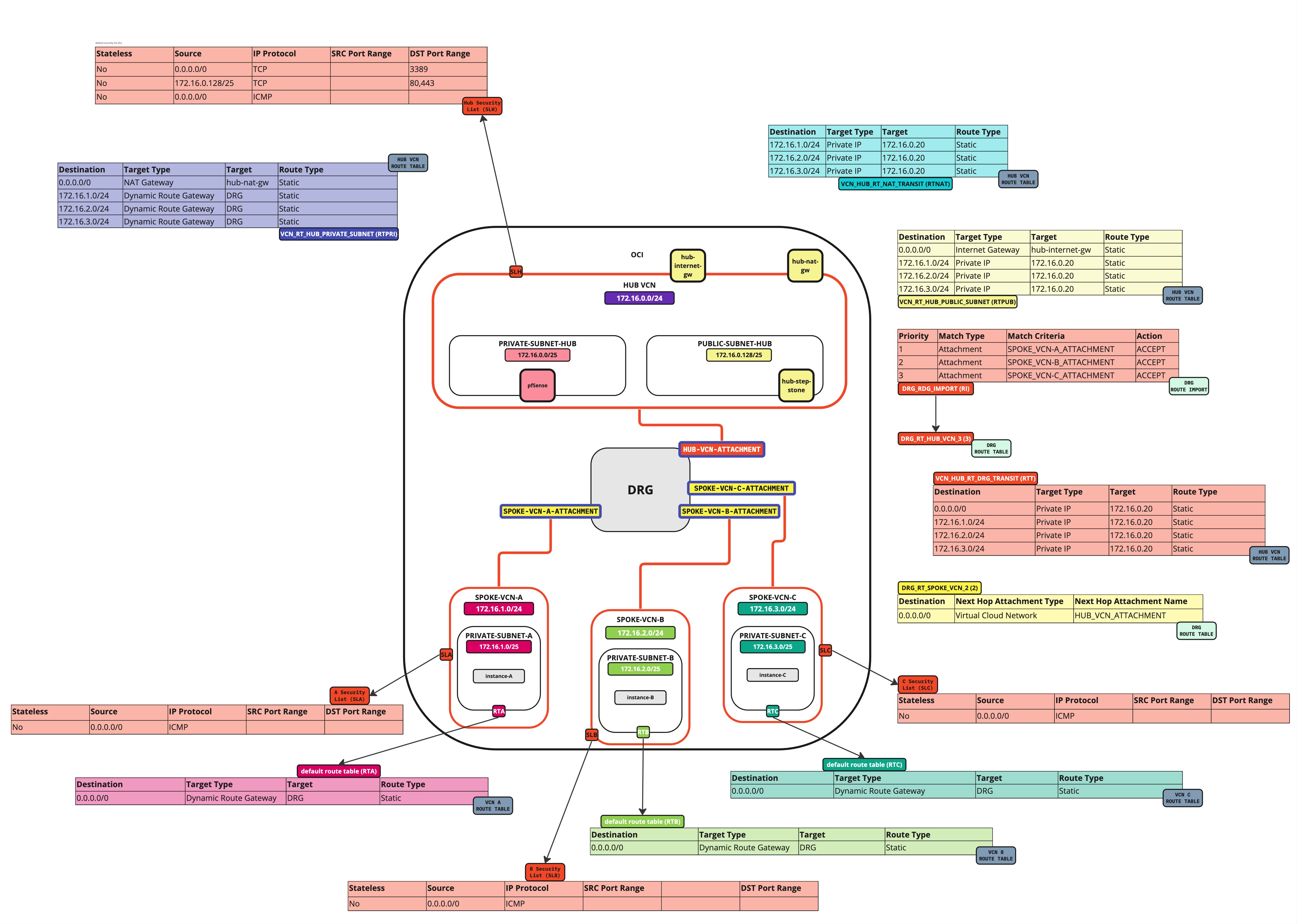

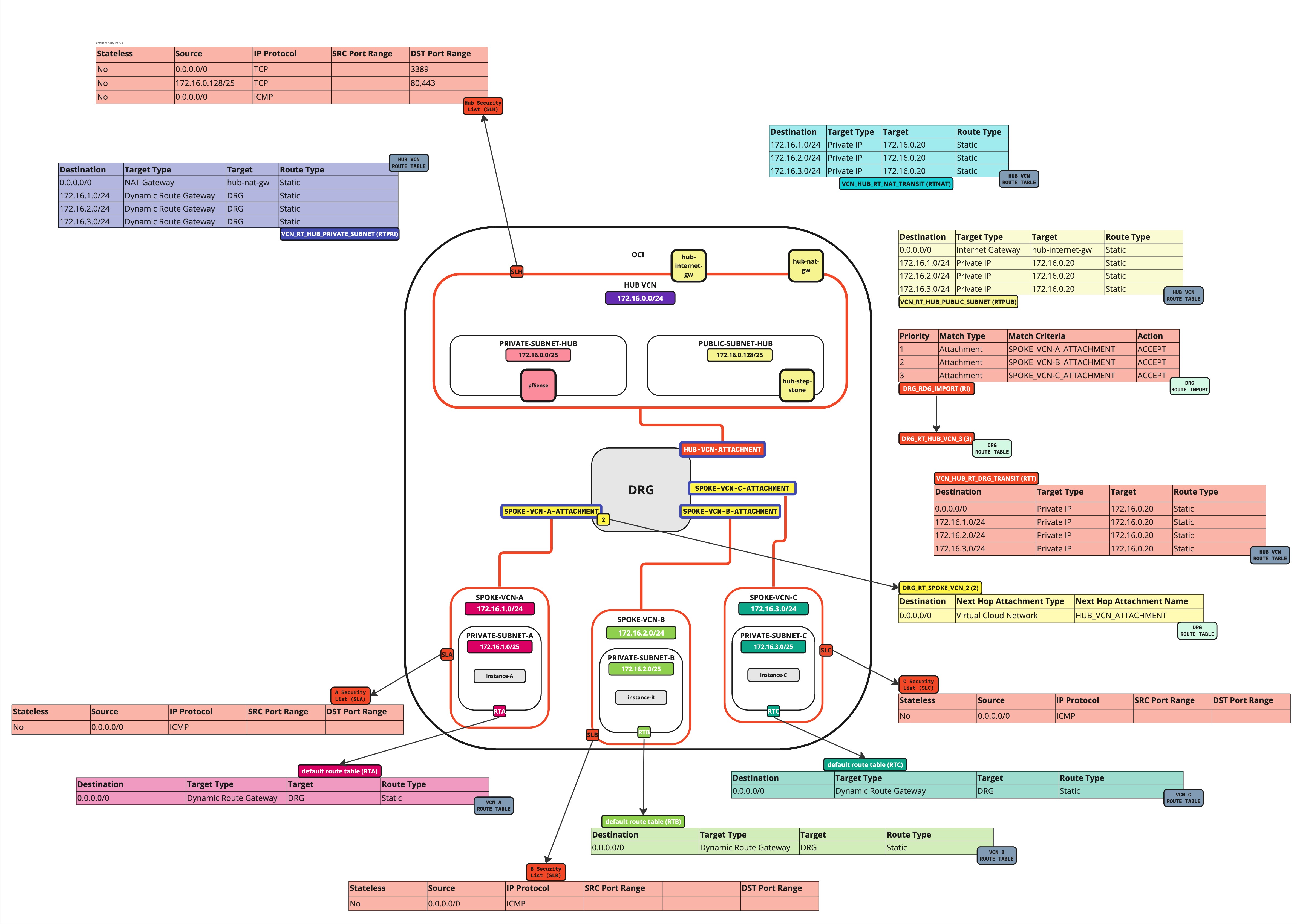

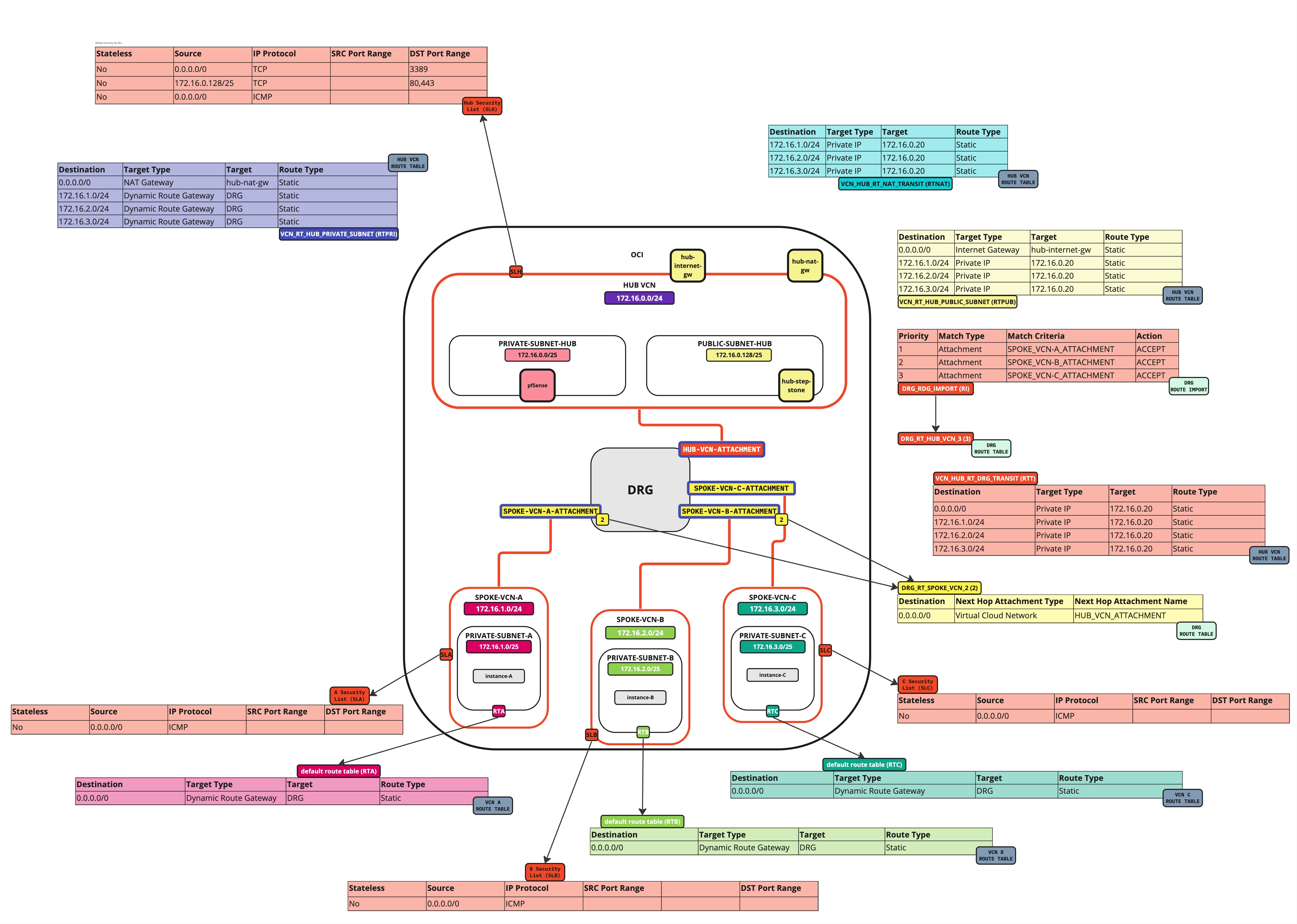

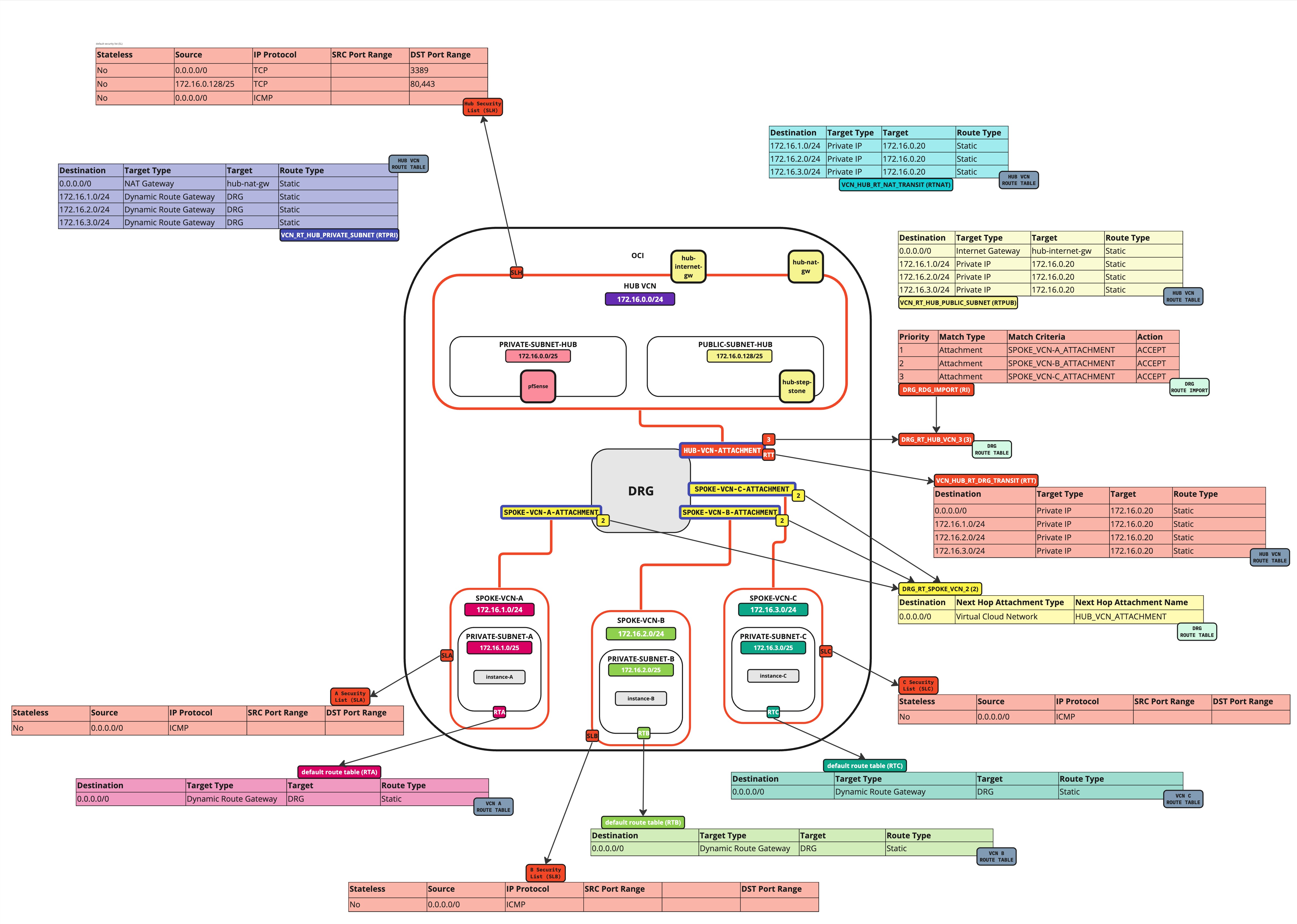

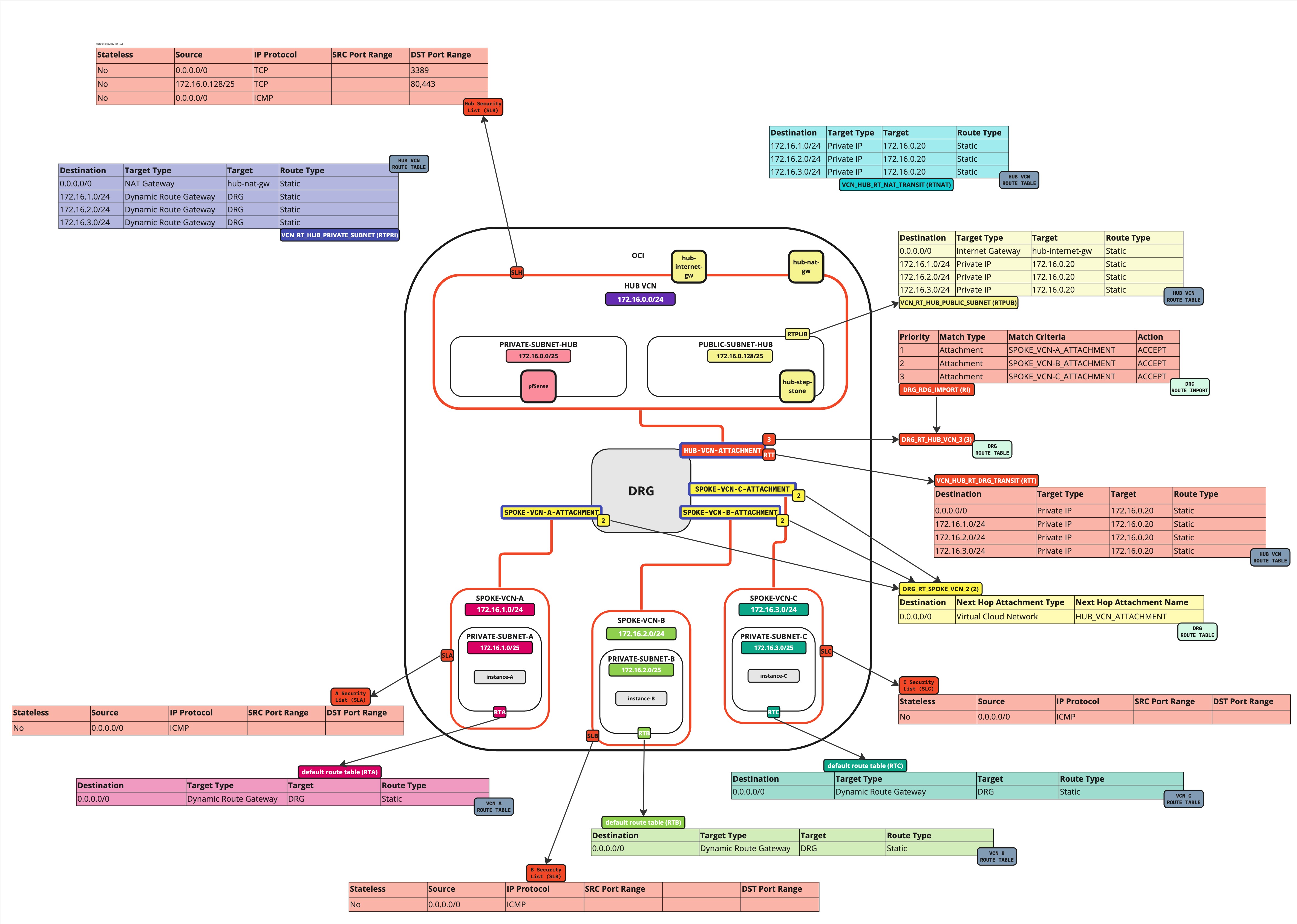

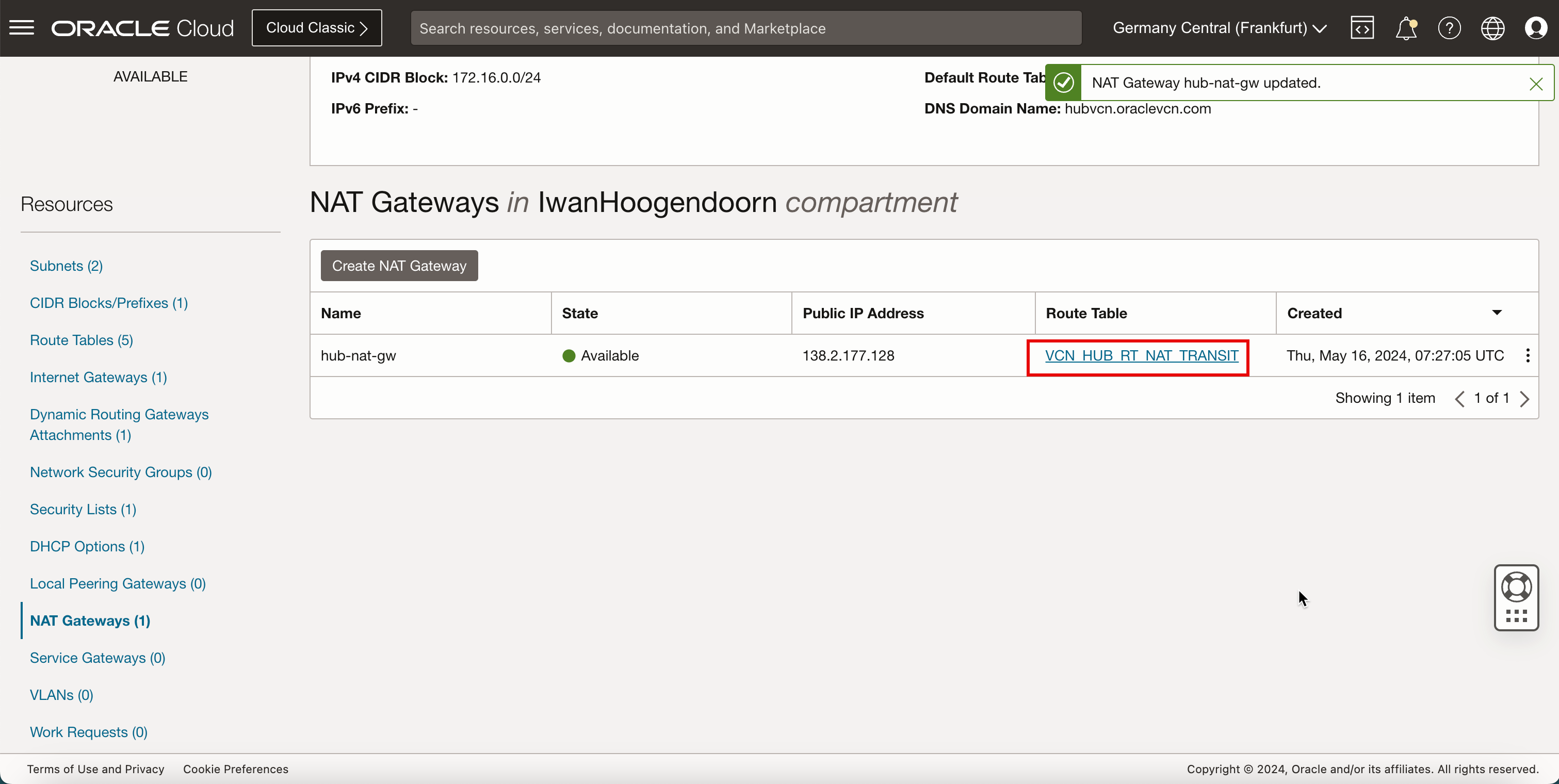

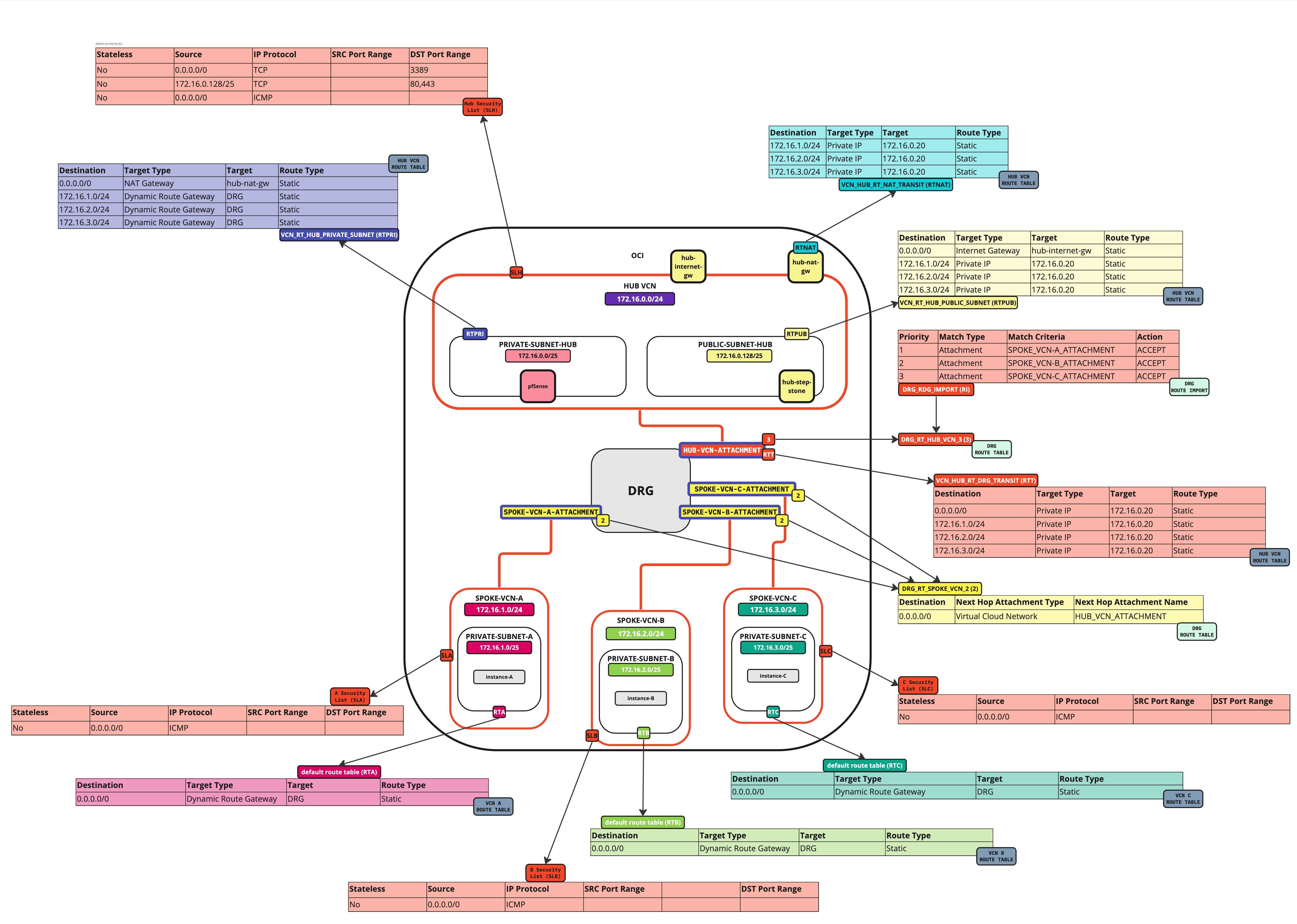

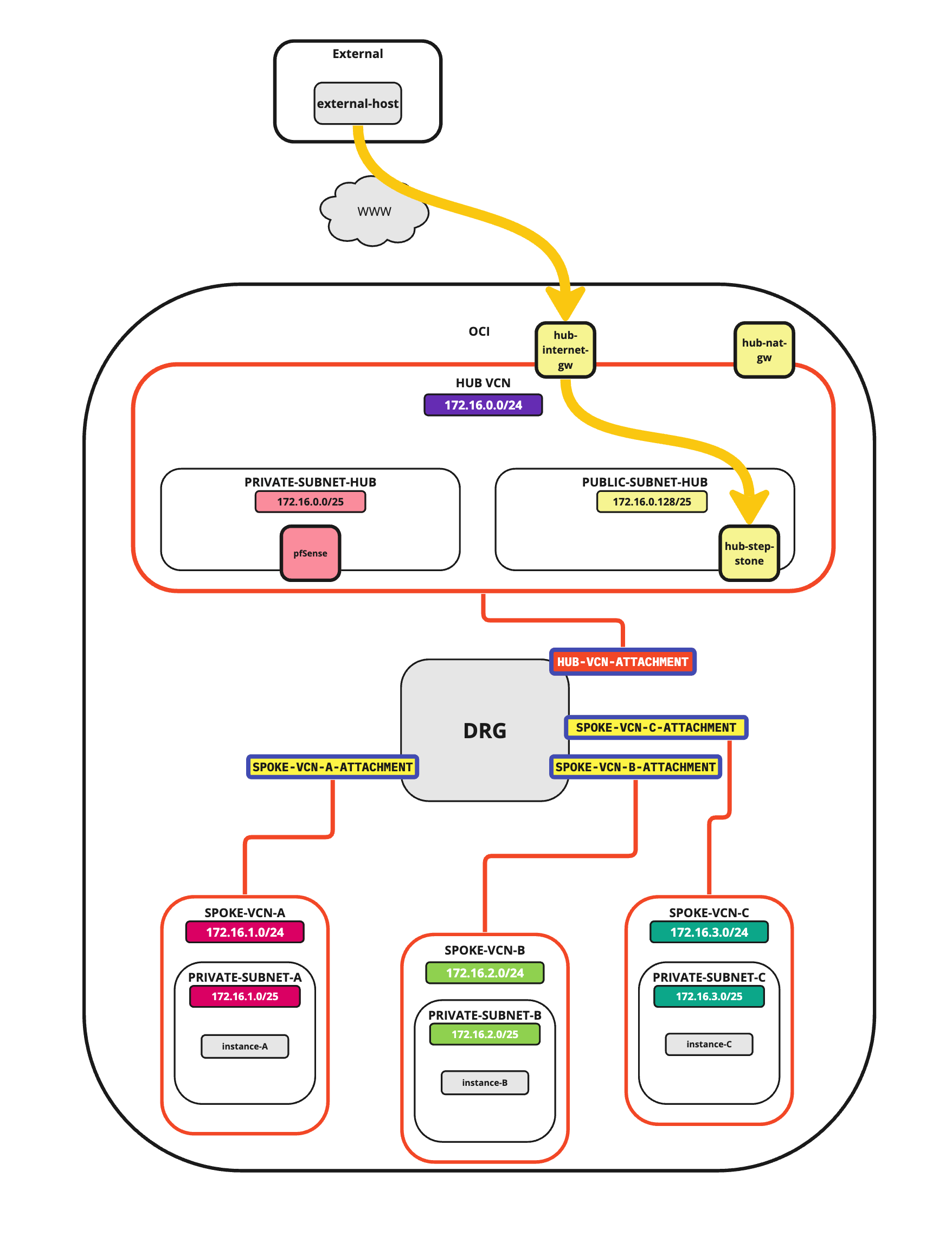

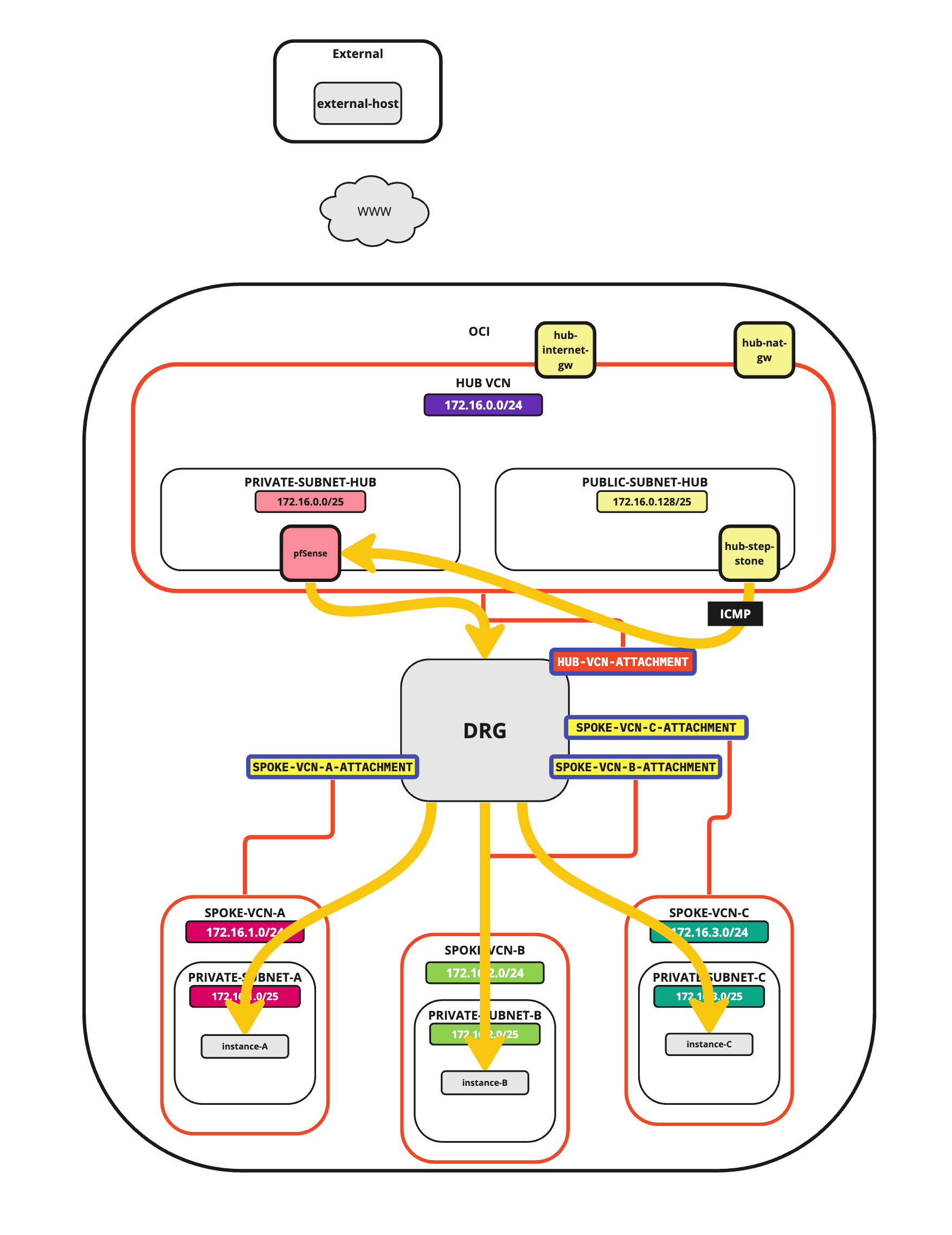

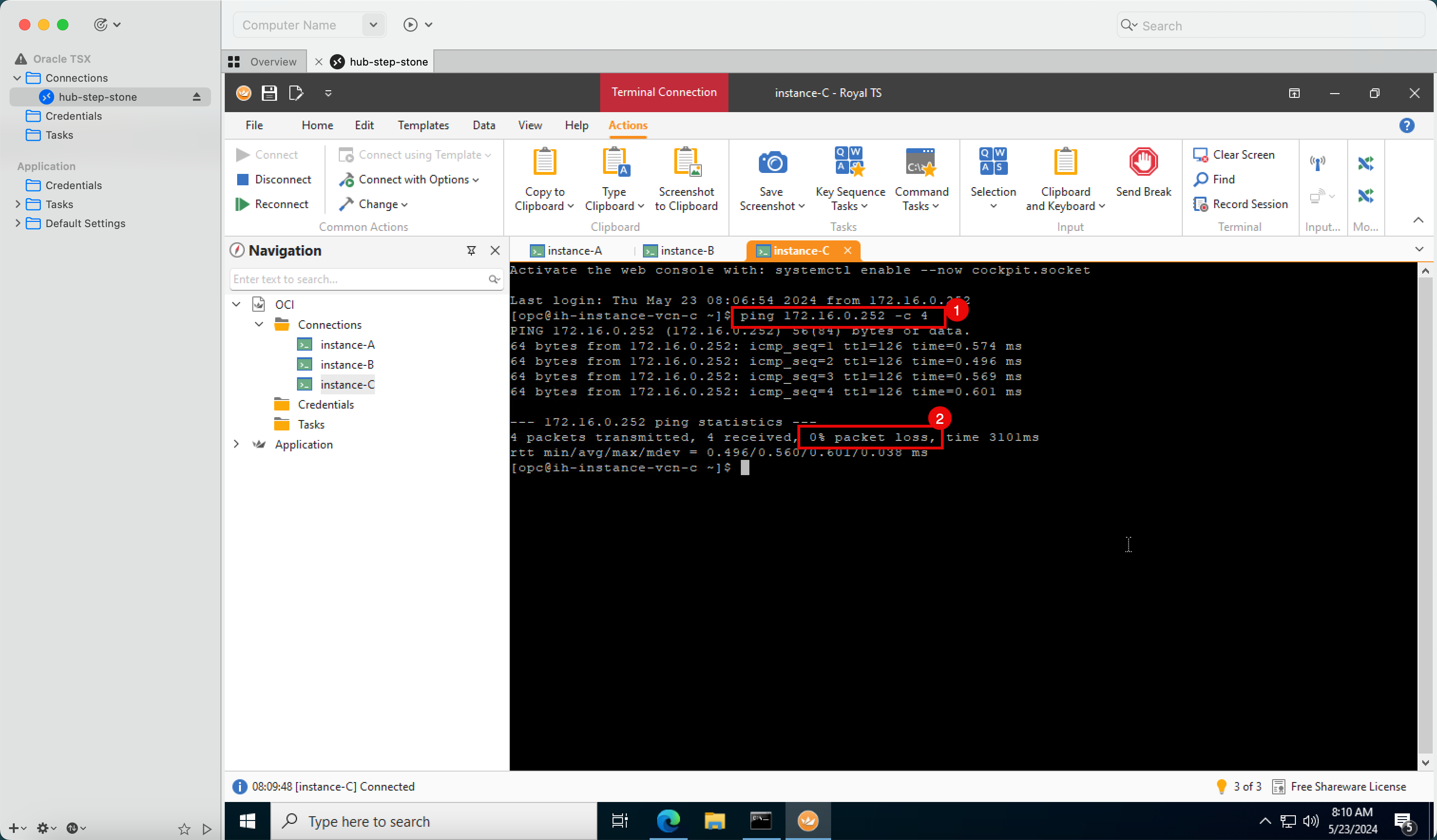

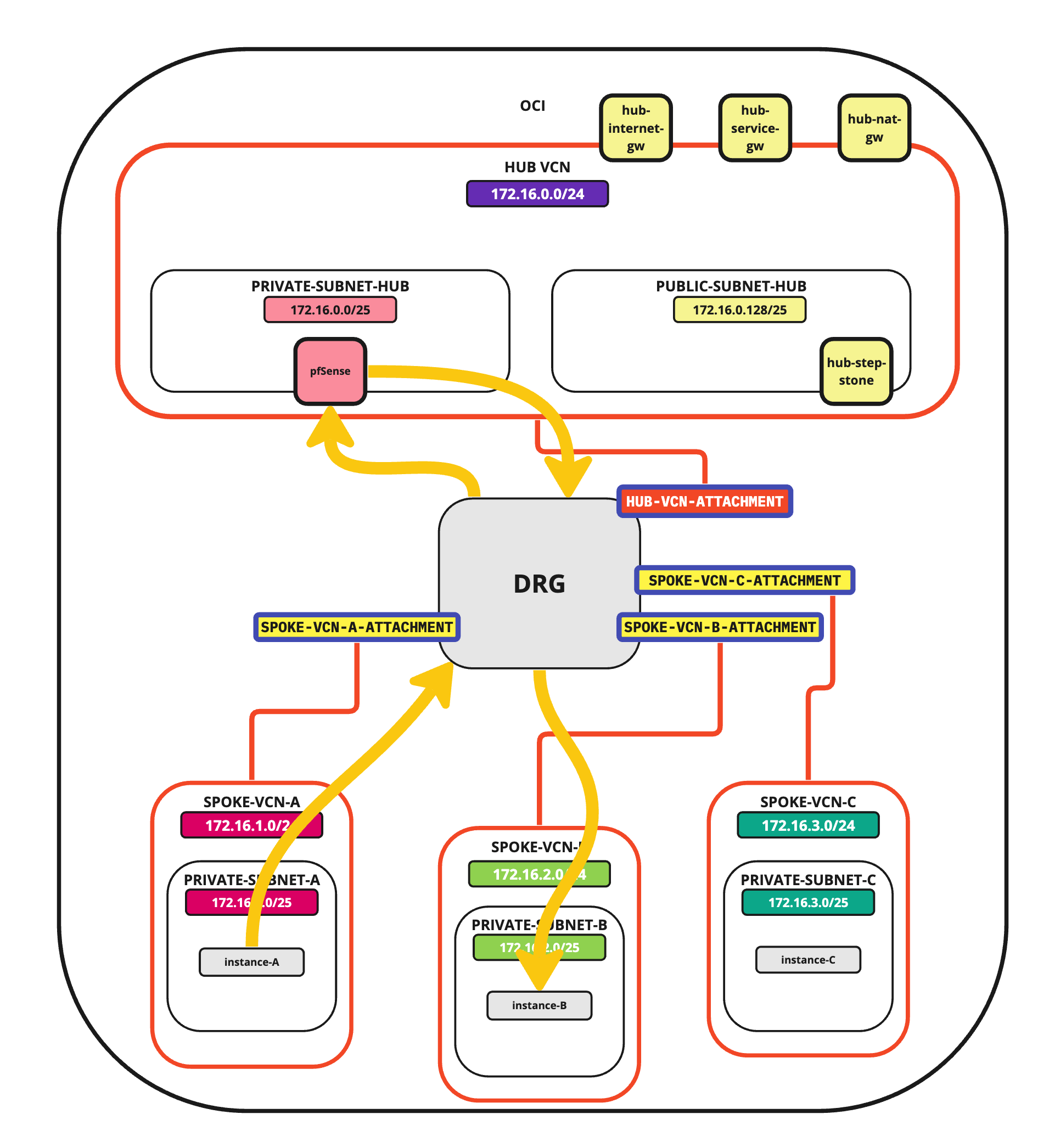

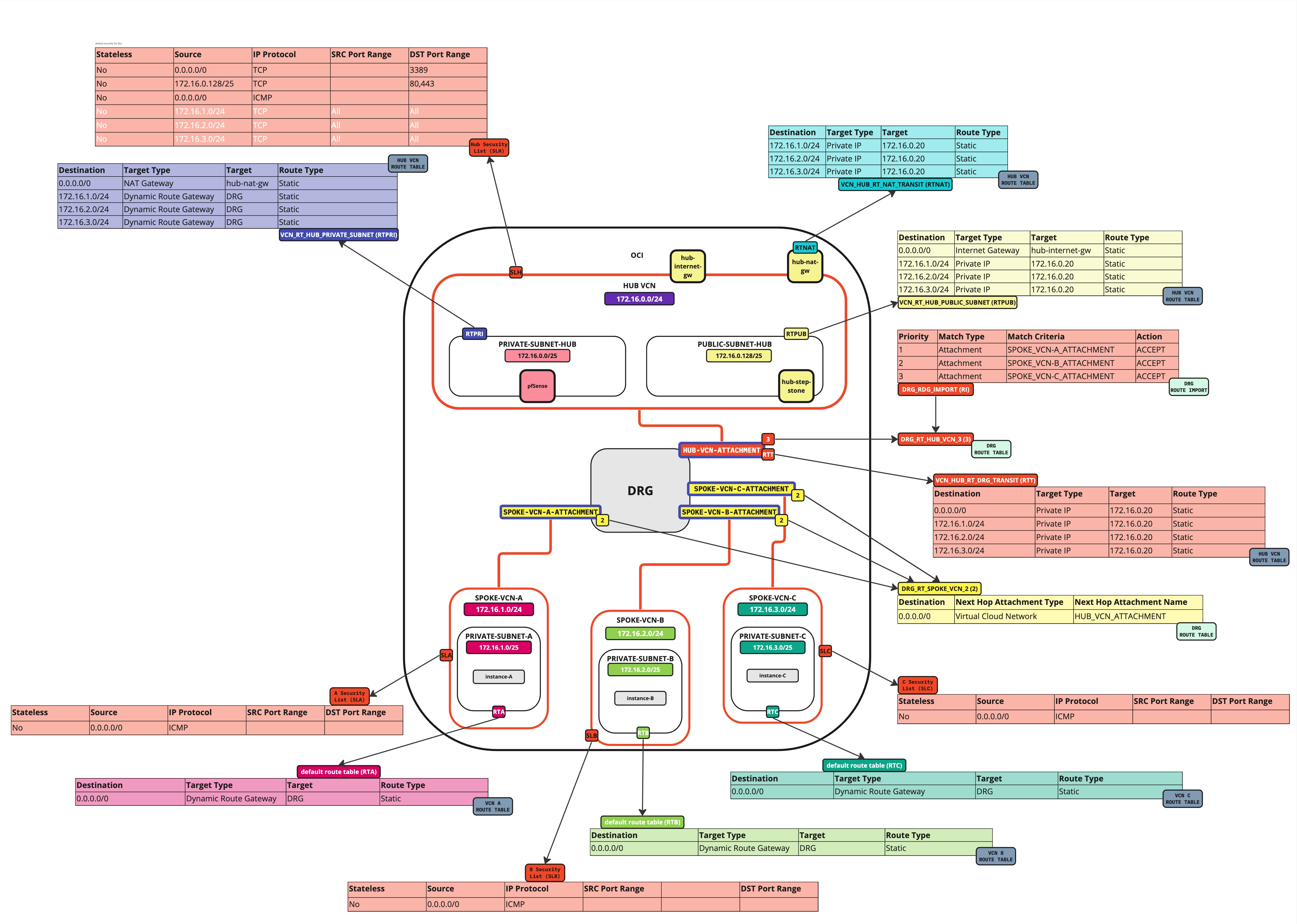

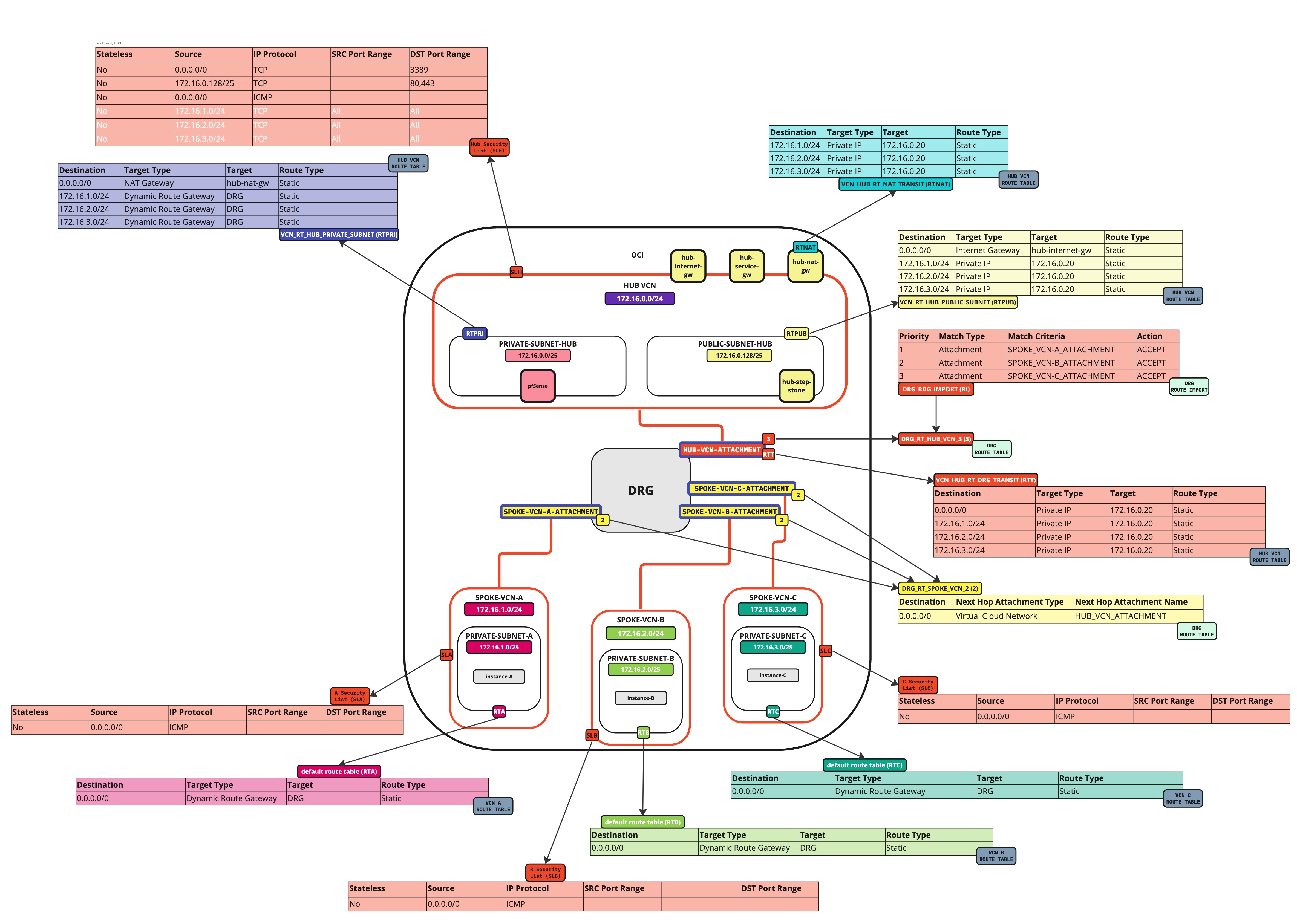

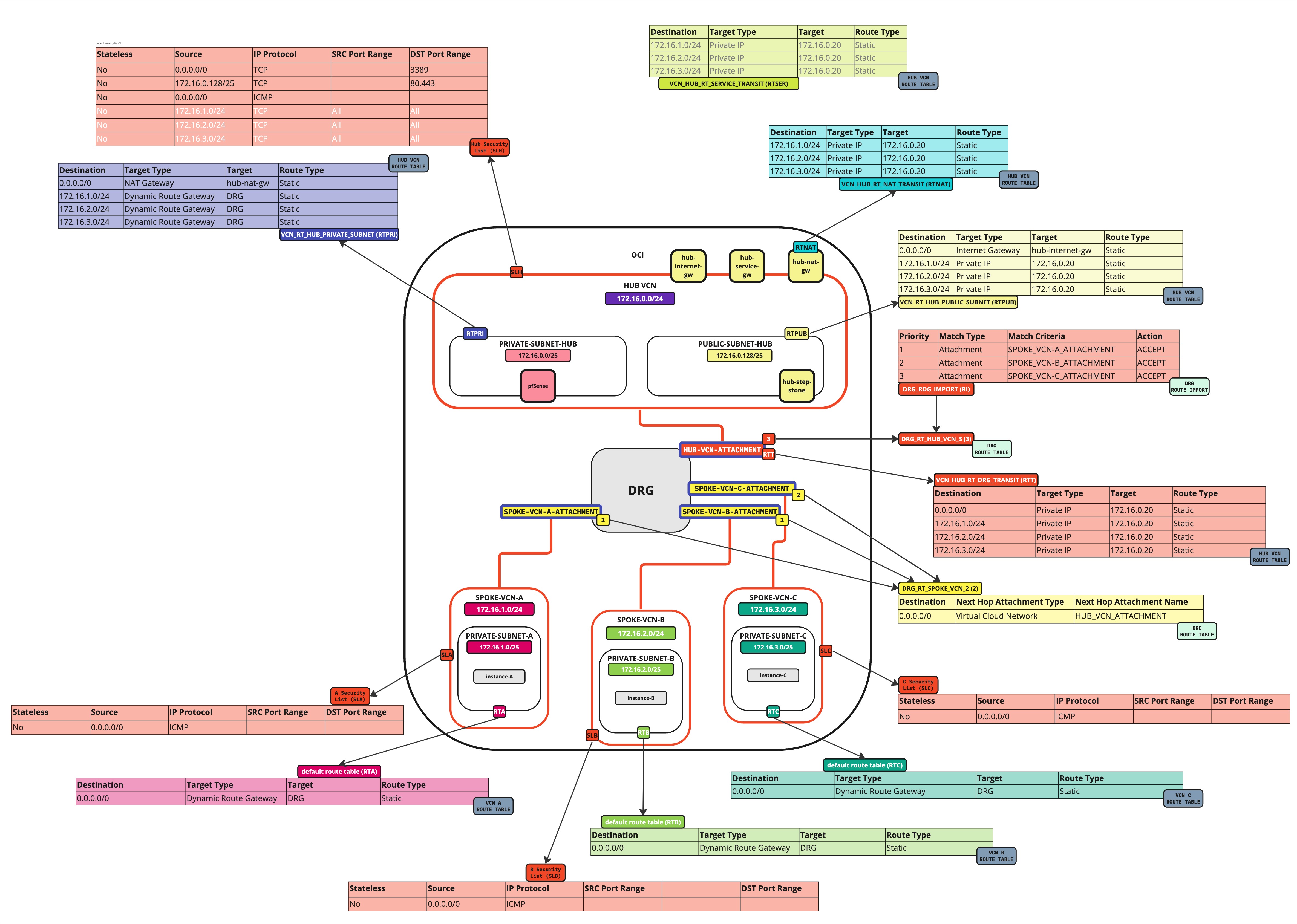

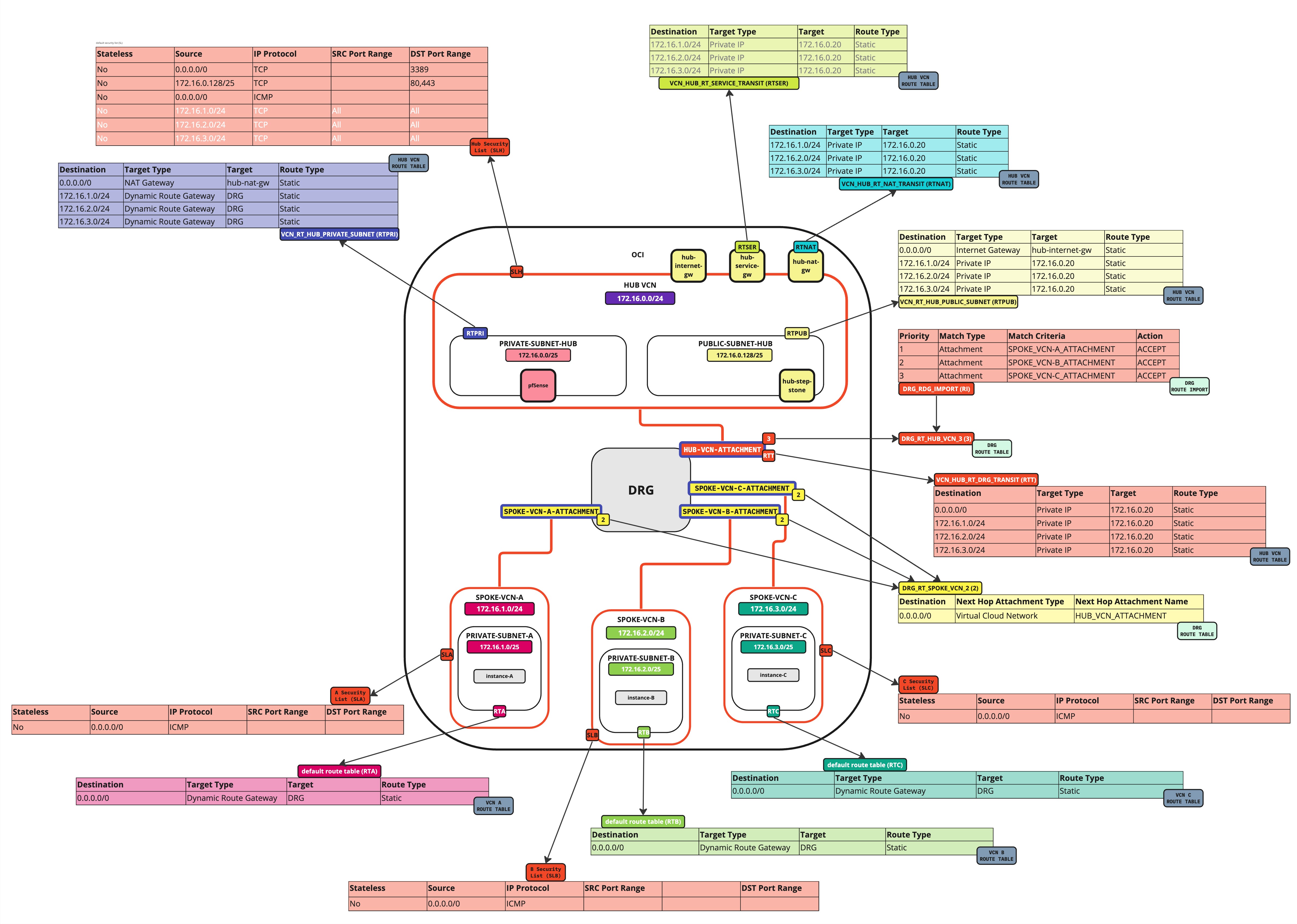

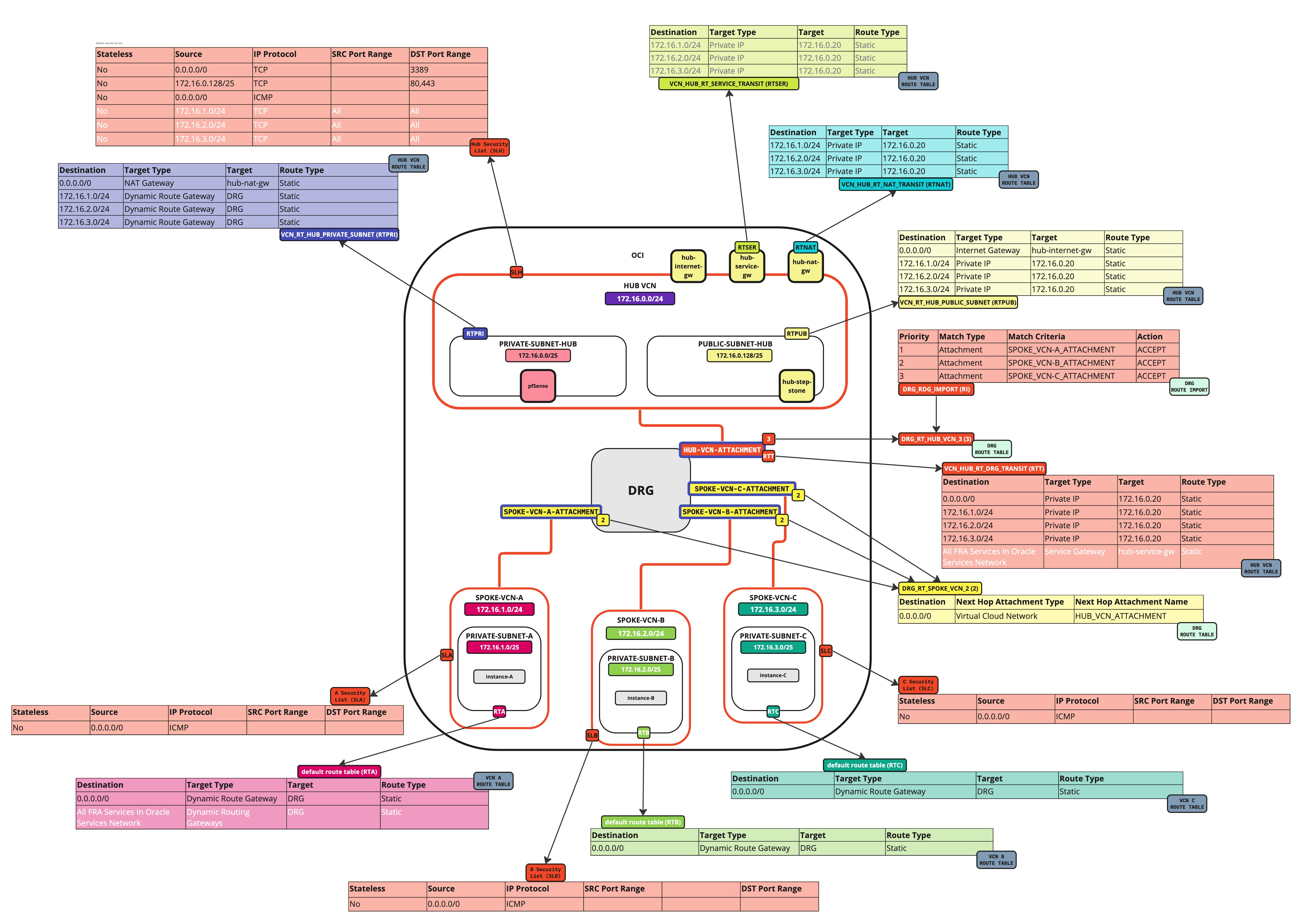

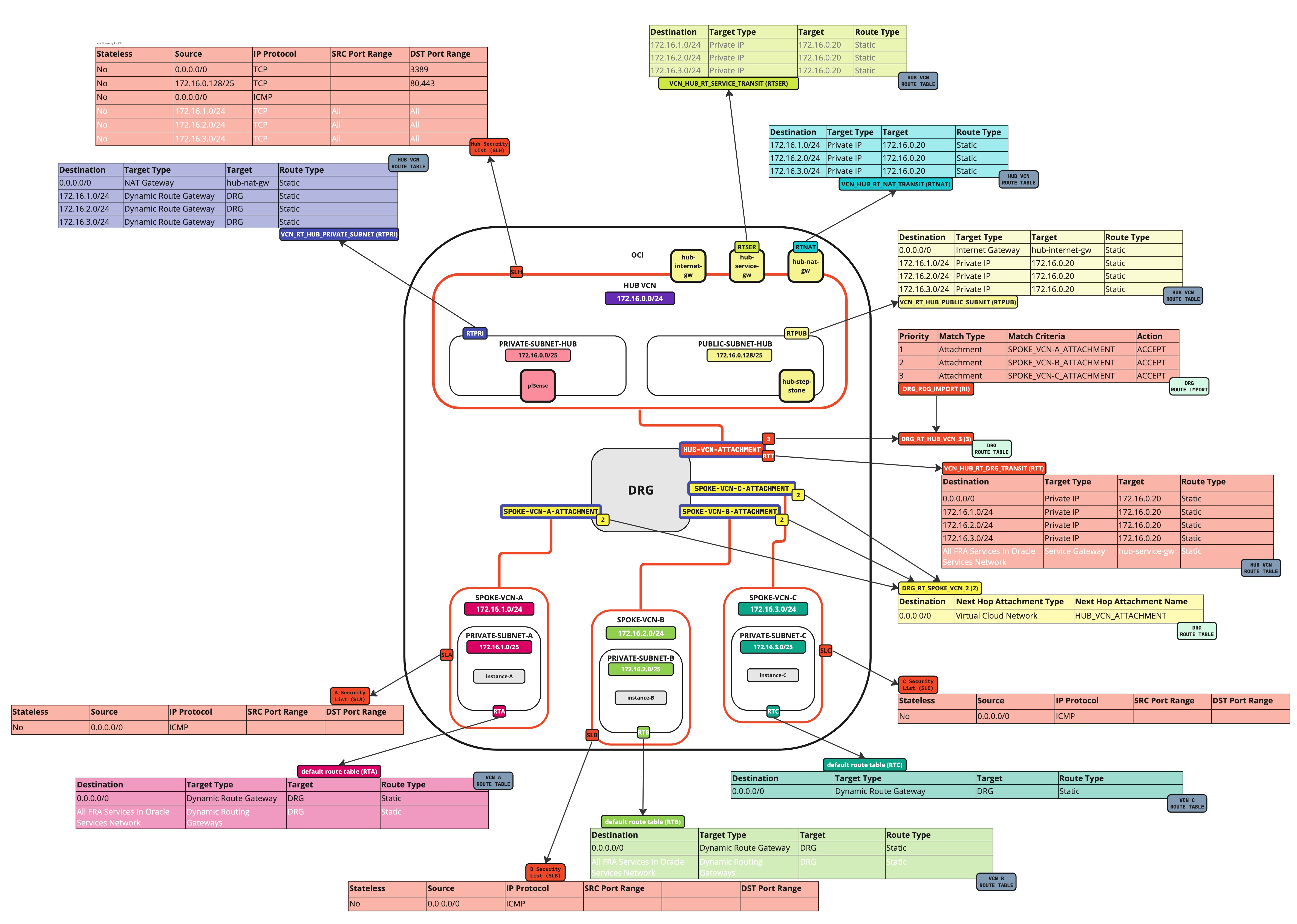

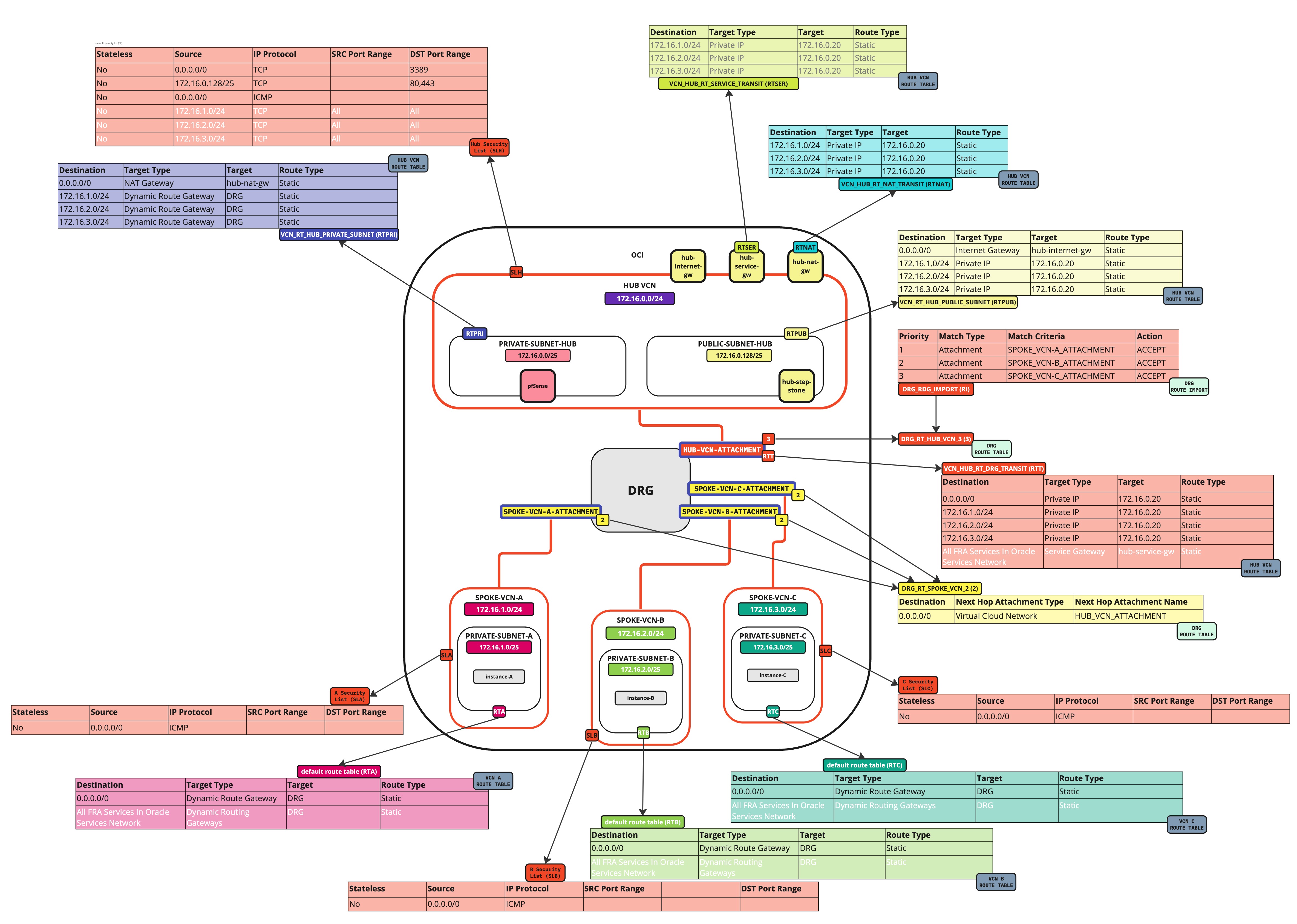

Le immagini seguenti illustrano i flussi di traffico.

-

Connettività spoke

-

Connettività spoke verso l'hub

-

Connettività da hub a spoke

-

Connettività Internet attivata

-

Connettività spoke verso il servizio

-

Connettività da hub a Internet

-

Connettività da Internet a Hub

Nota: in questa esercitazione verranno utilizzate diverse reti negli spoke.

- Subnet VCN spoke:

172.16.1.0/25. - Subnet della VCN spoke B:

172.16.2.0/25. - Subnet della VCN spoke C:

172.16.3.0/25.

- Subnet VCN spoke:

Obiettivi

-

Impostare un ambiente di instradamento OCI con instradamento hub e spoke completamente configurato. instraderemo tutto il traffico di rete alla VCN hub in cui la VCN hub conterrà un firewall che ispezionerà tutto il traffico proveniente dagli spoke.

- Task 1: creare i VCN hub e spoke.

- Task 2: creare le subnet all'interno dell'hub e dei VCN spoke.

- Task 3: creare un DRG, un gateway Internet e un gateway NAT.

- Task 4: aggiungere istanze collegate a subnet diverse all'interno di tutte le VCN.

- Task 5: aggiungere un firewall pfSense nella VCN hub.

- Task 6: aprire le regole firewall nelle liste di sicurezza.

- Task 7: configurare l'instradamento tra i diversi VCN e Internet con l'ispezione del firewall hub.

- Task 8: verificare la connettività.

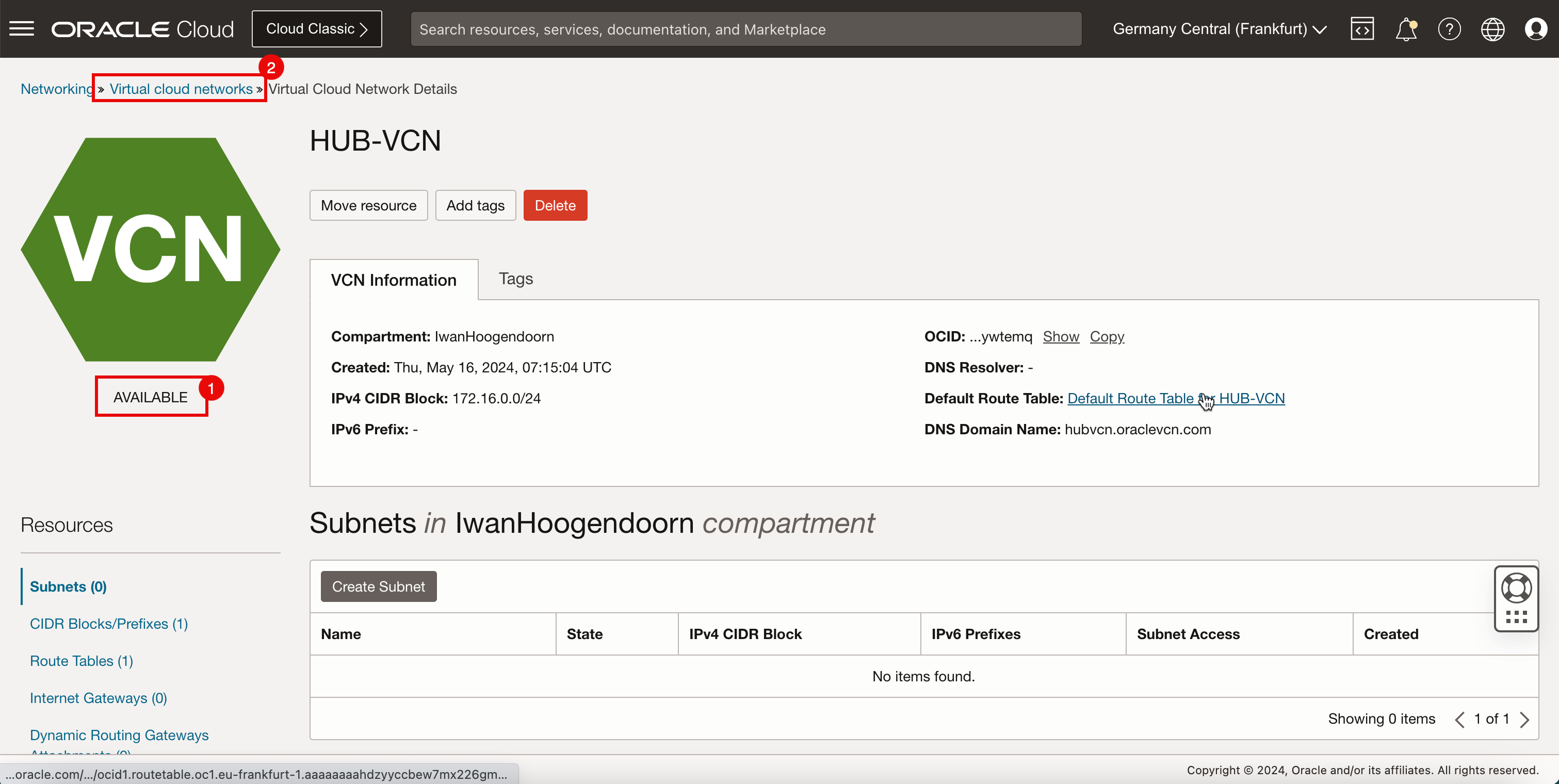

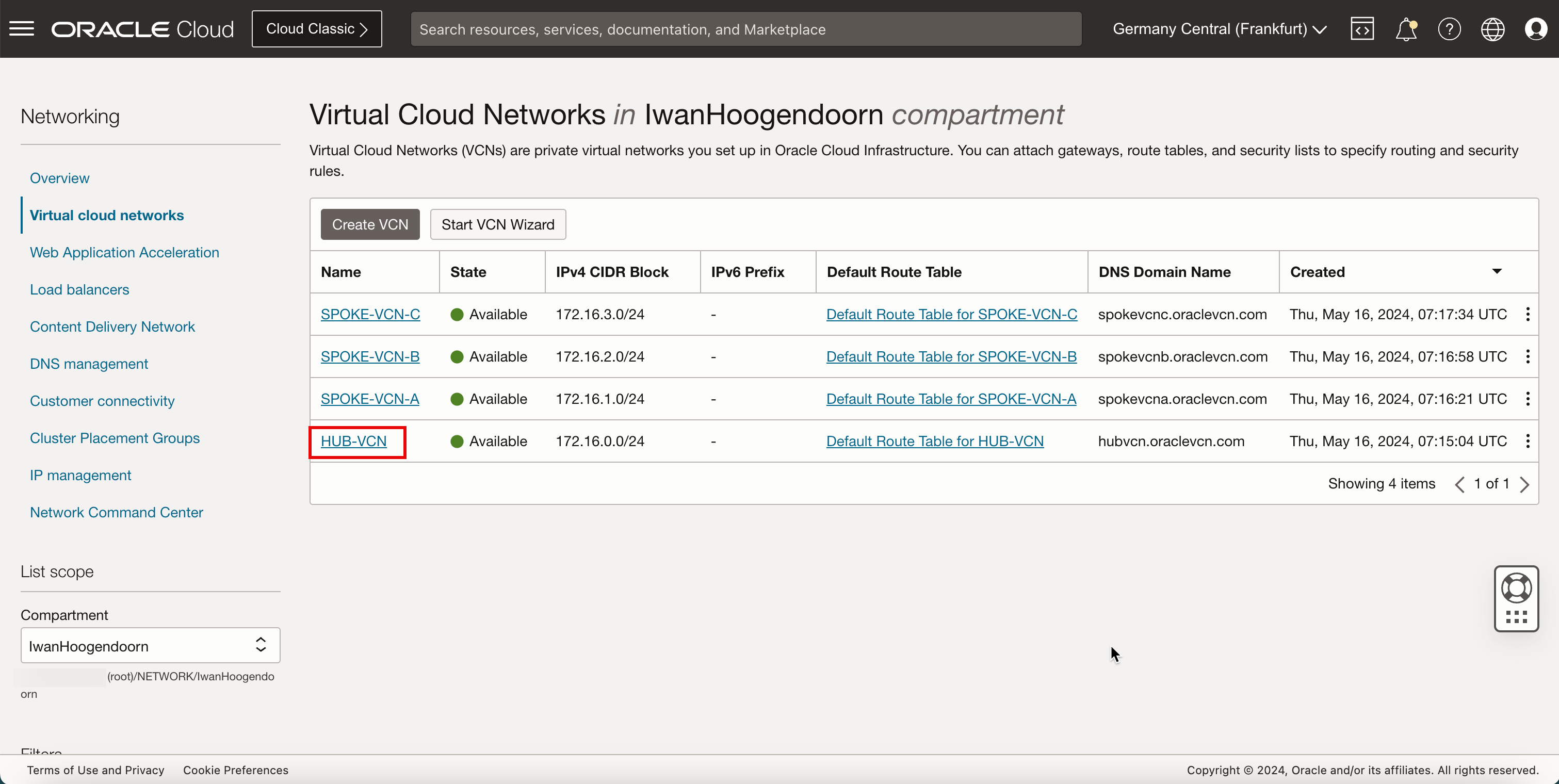

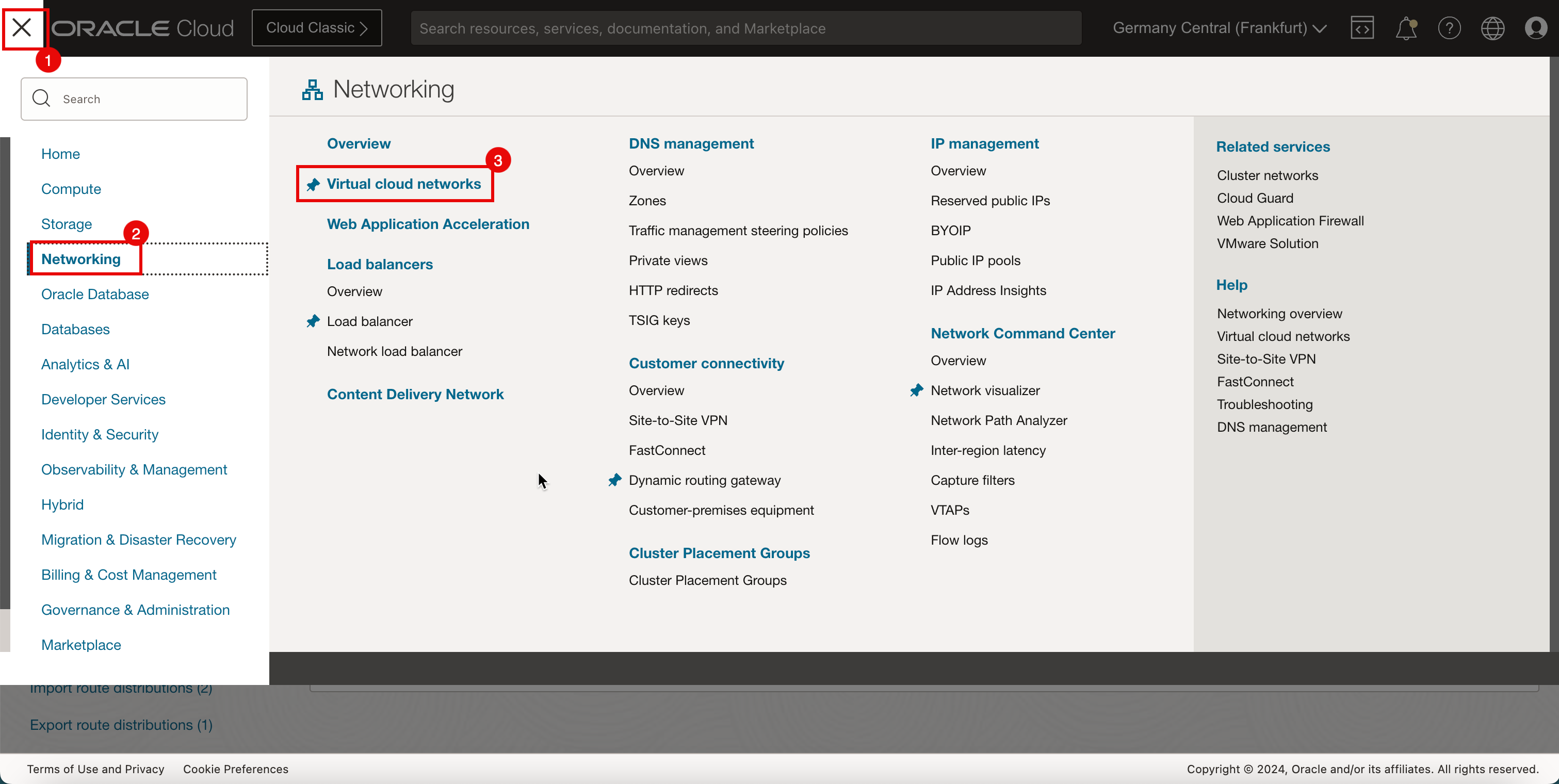

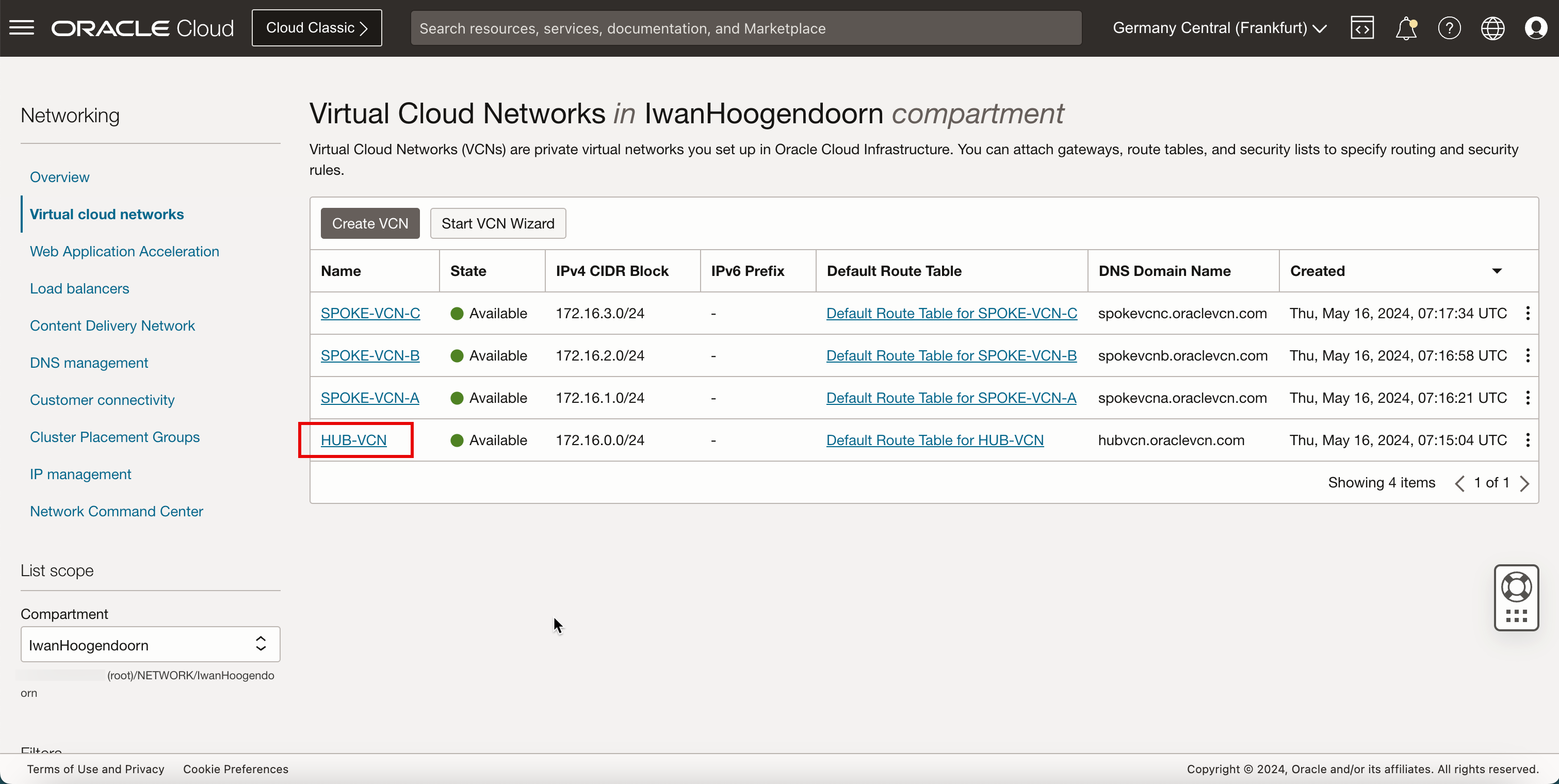

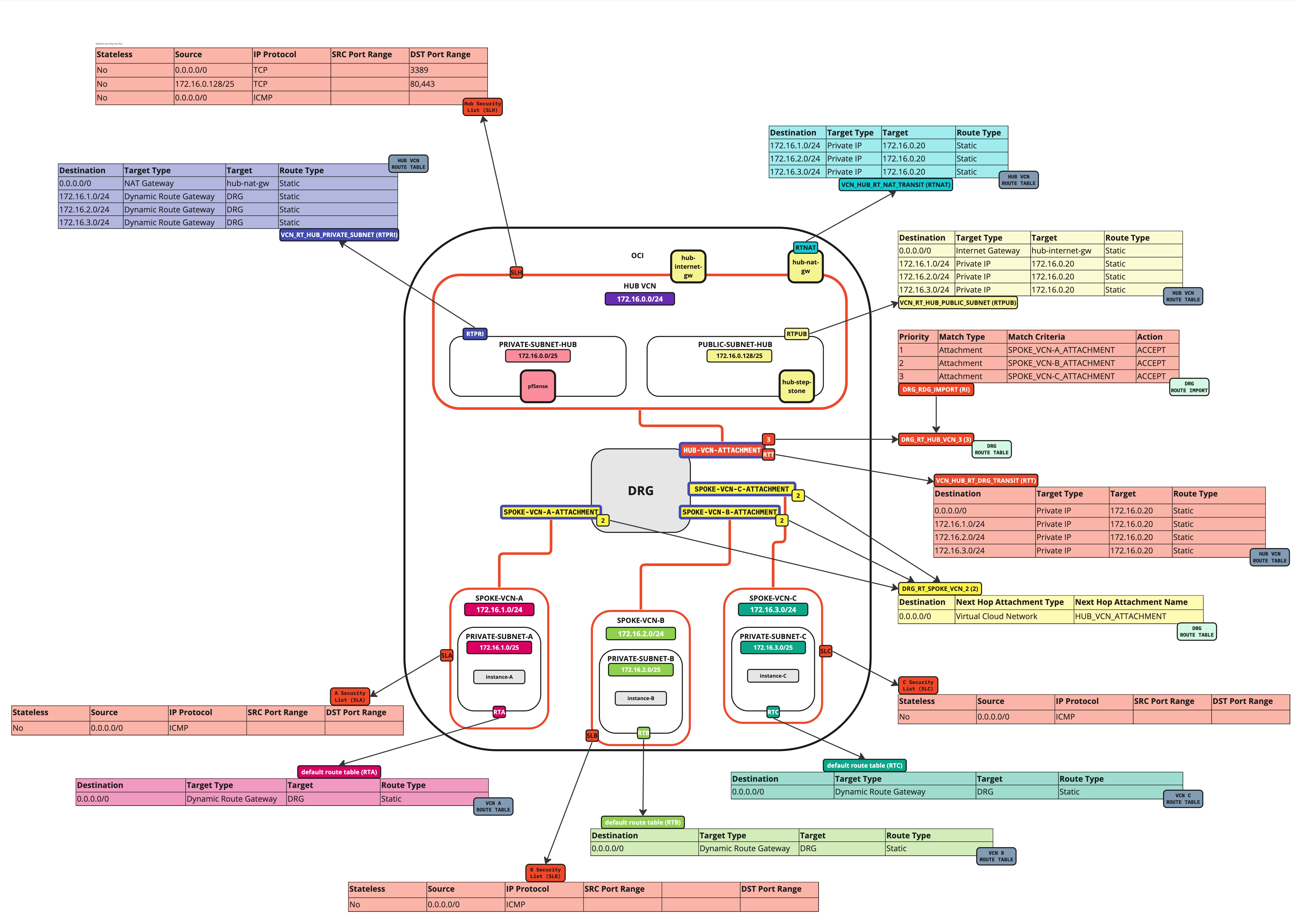

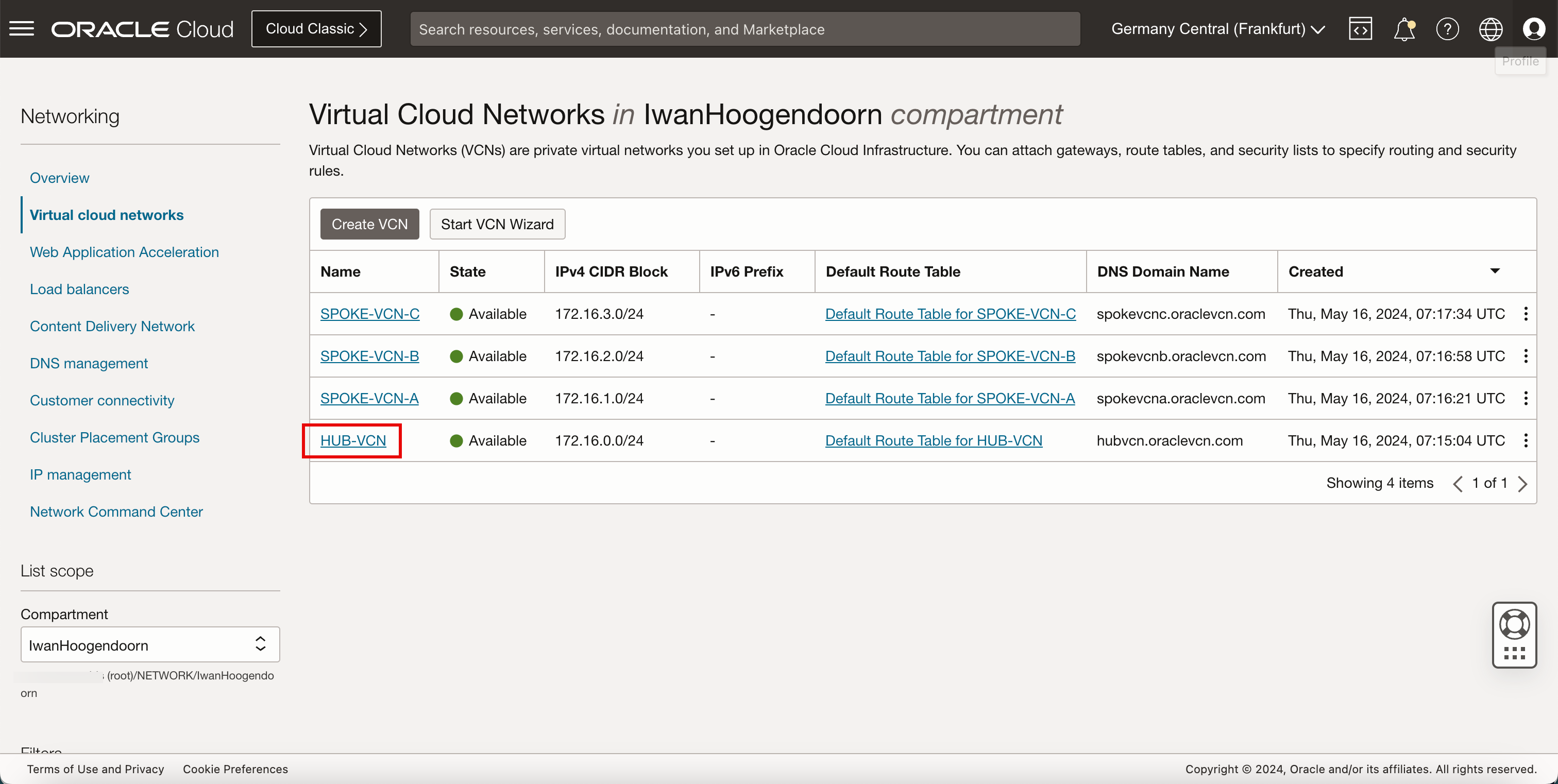

Task 1: Creare i VCN hub e spoke

-

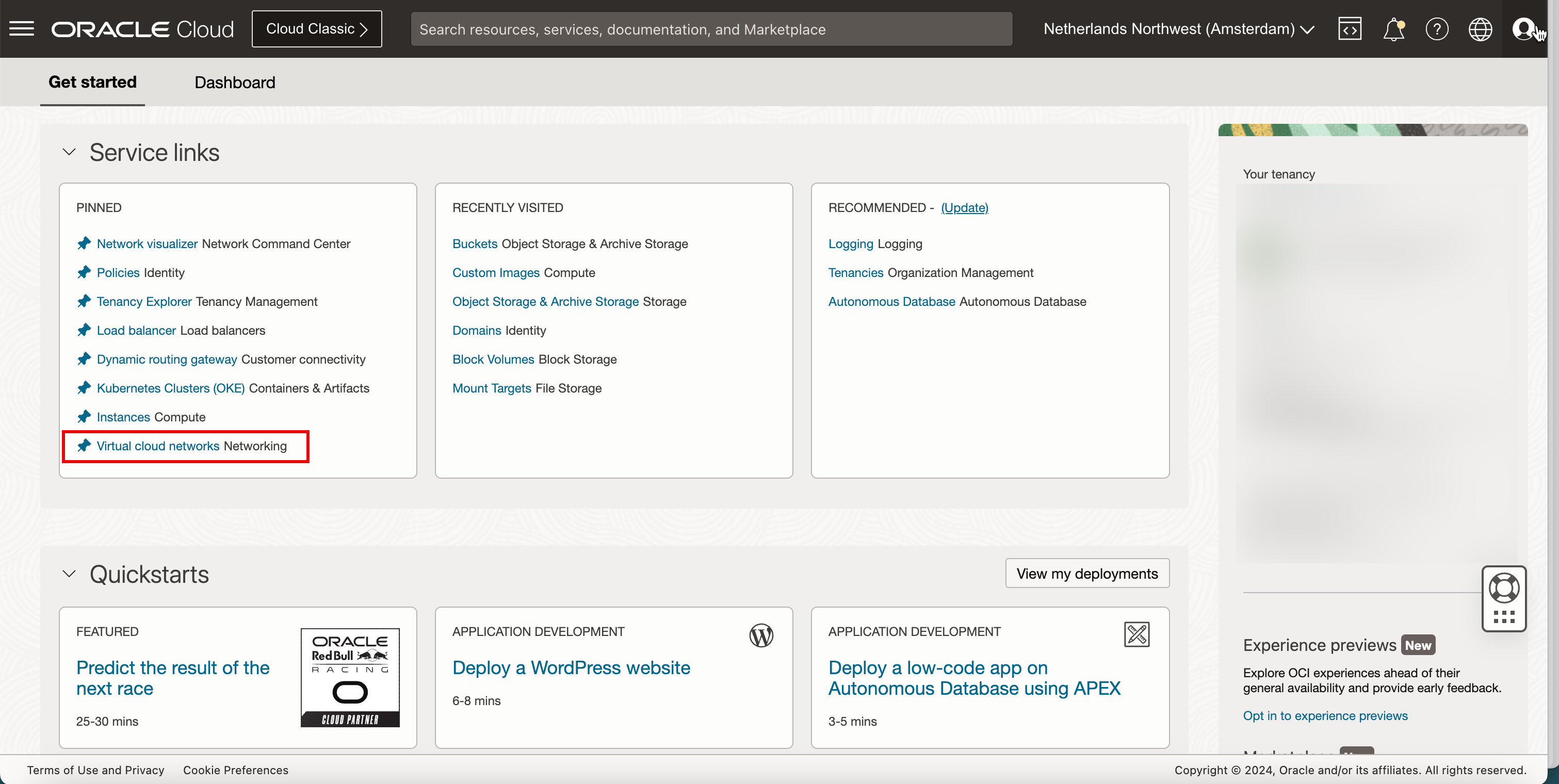

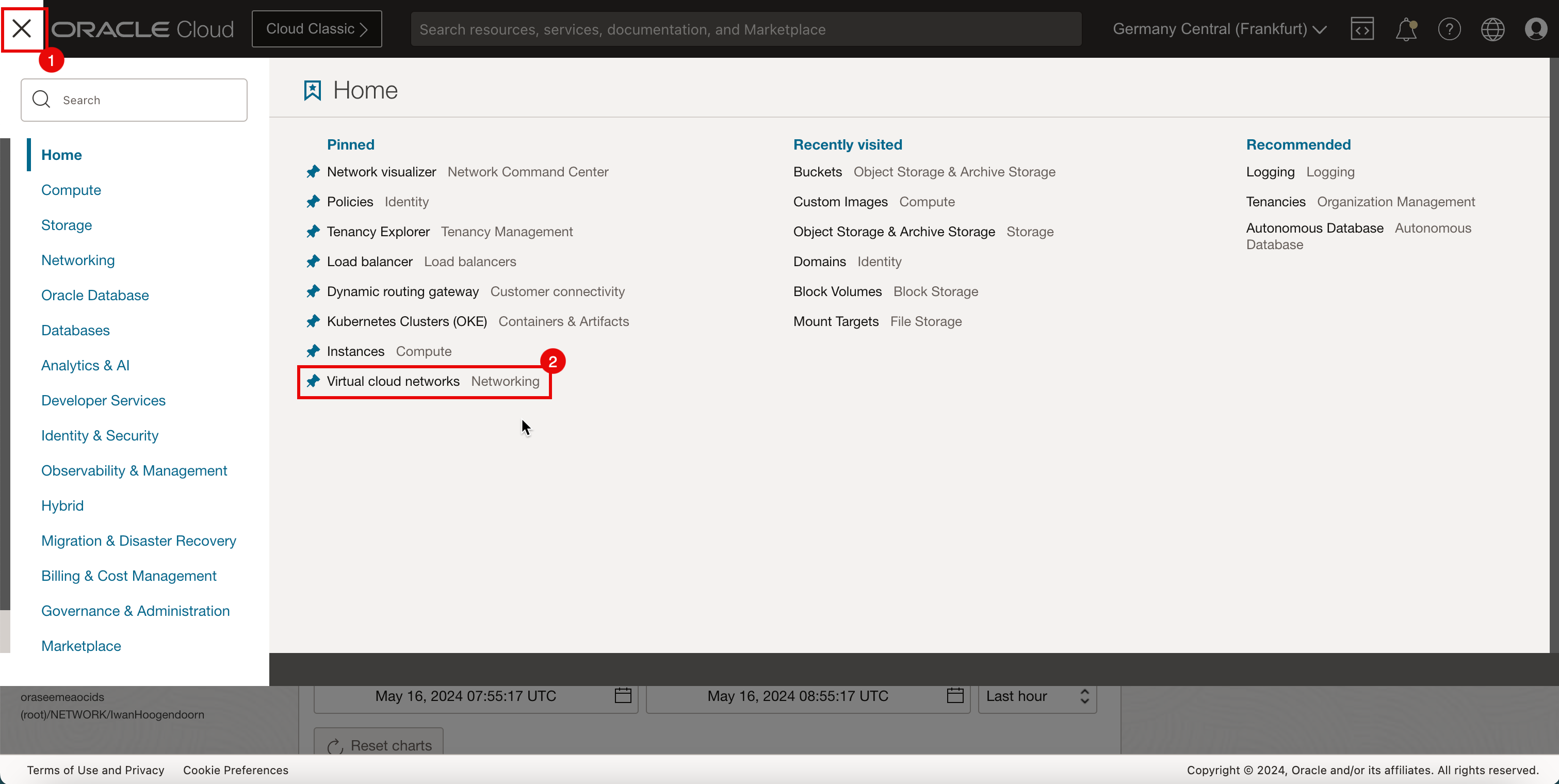

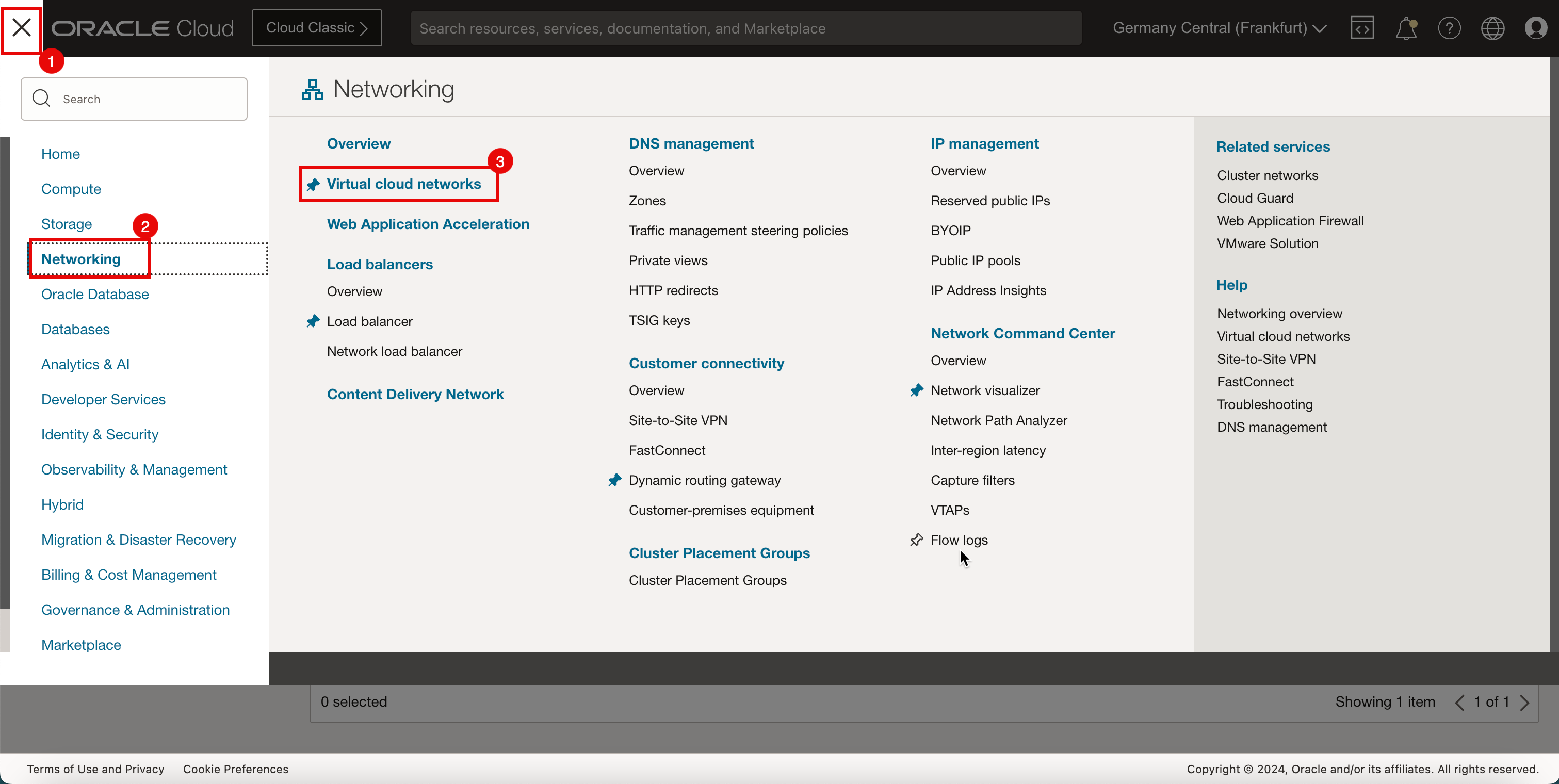

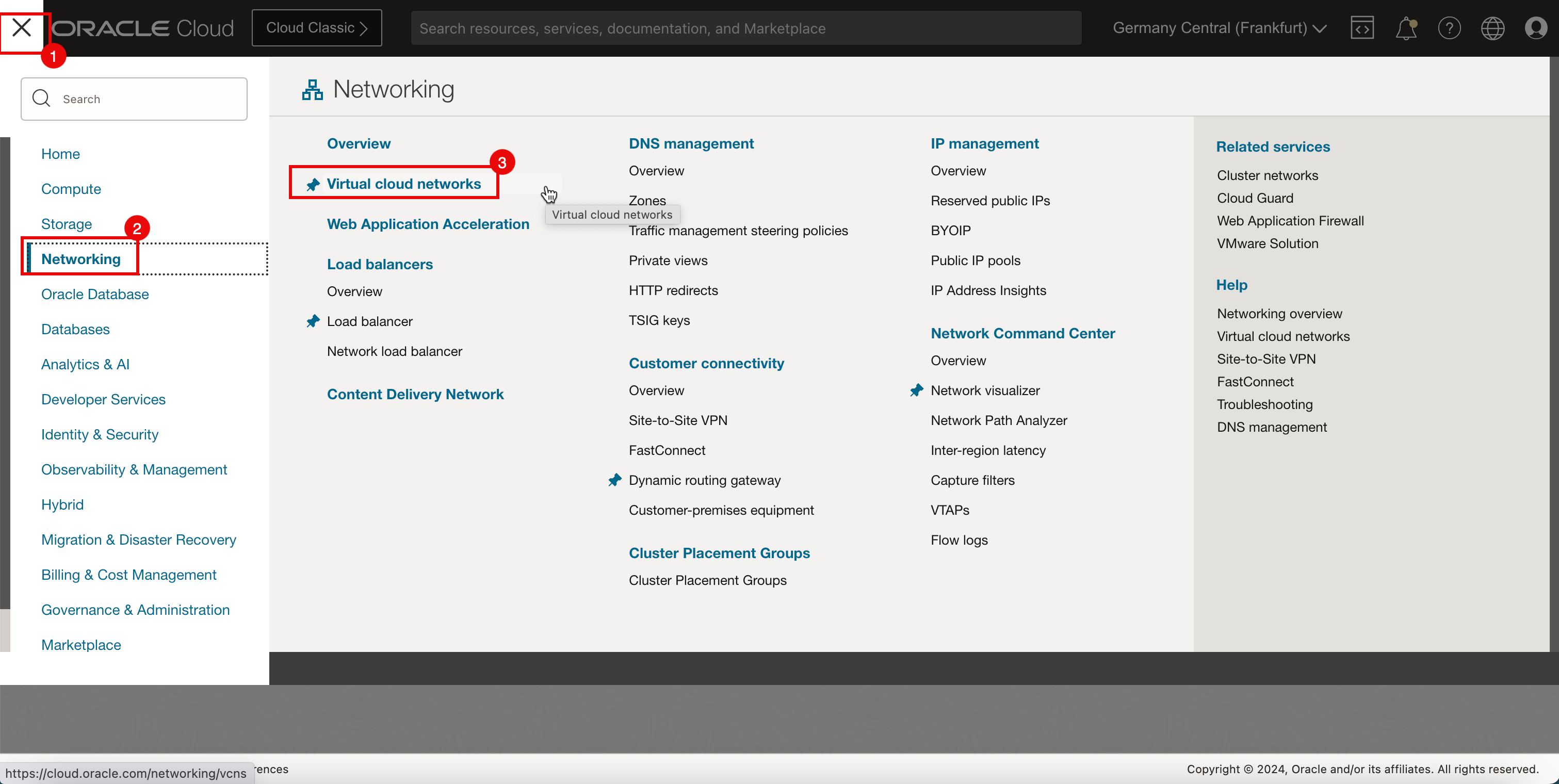

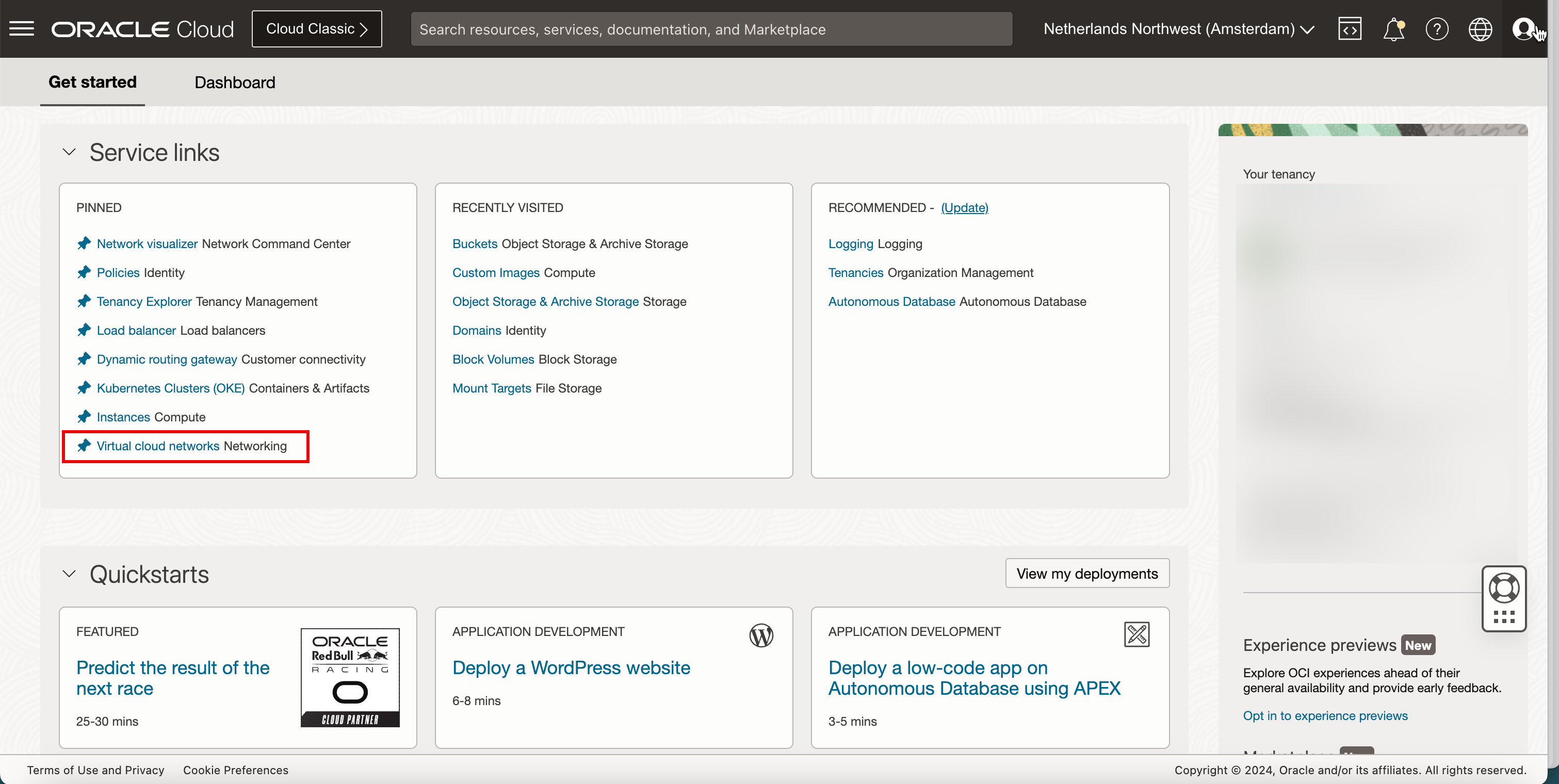

Eseguire il login a OCI Console e fare clic su Rete di rete cloud virtuale oppure fare clic sul menu hamburger (≡), Rete di rete e Reti cloud virtuali.

-

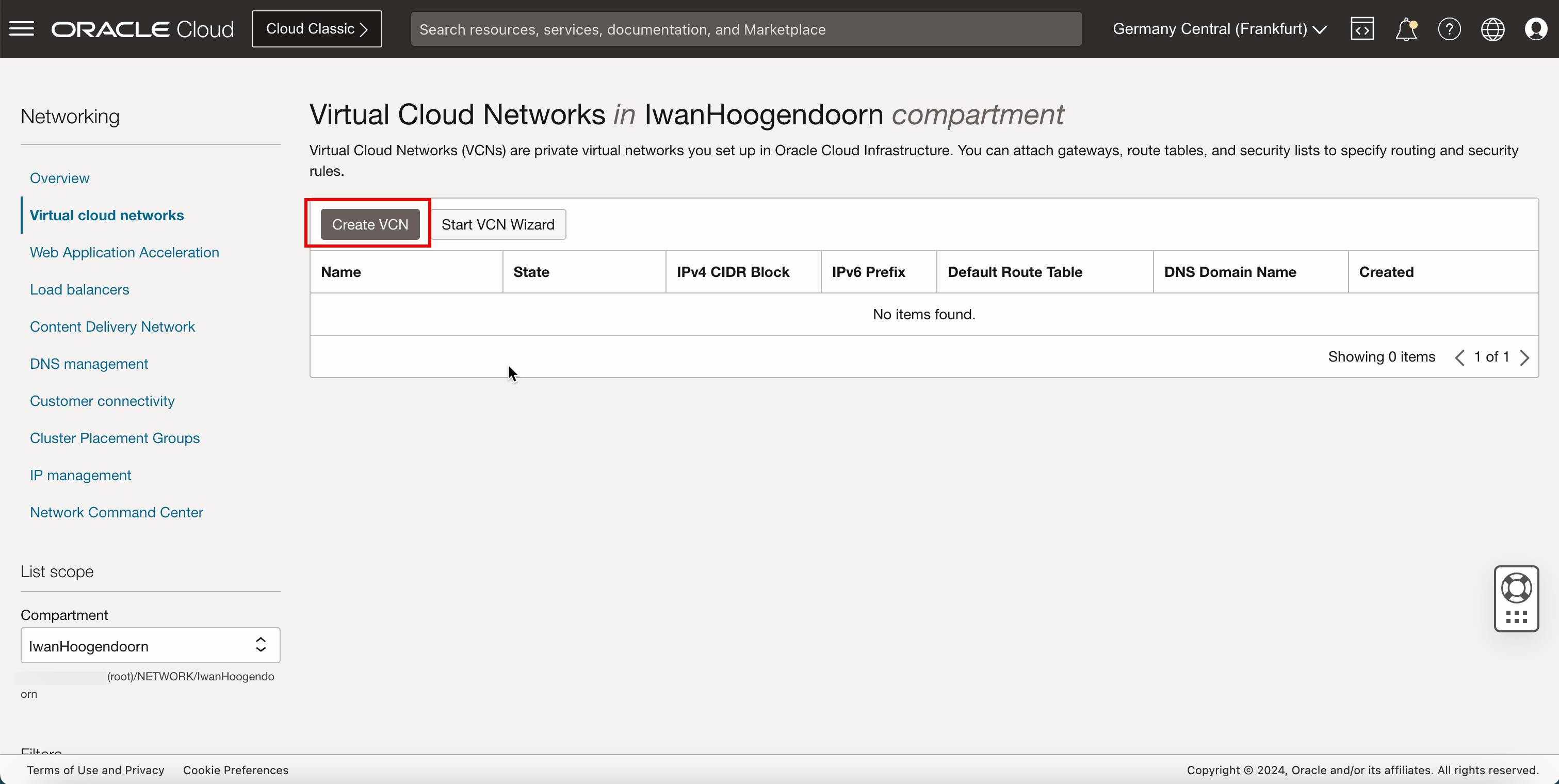

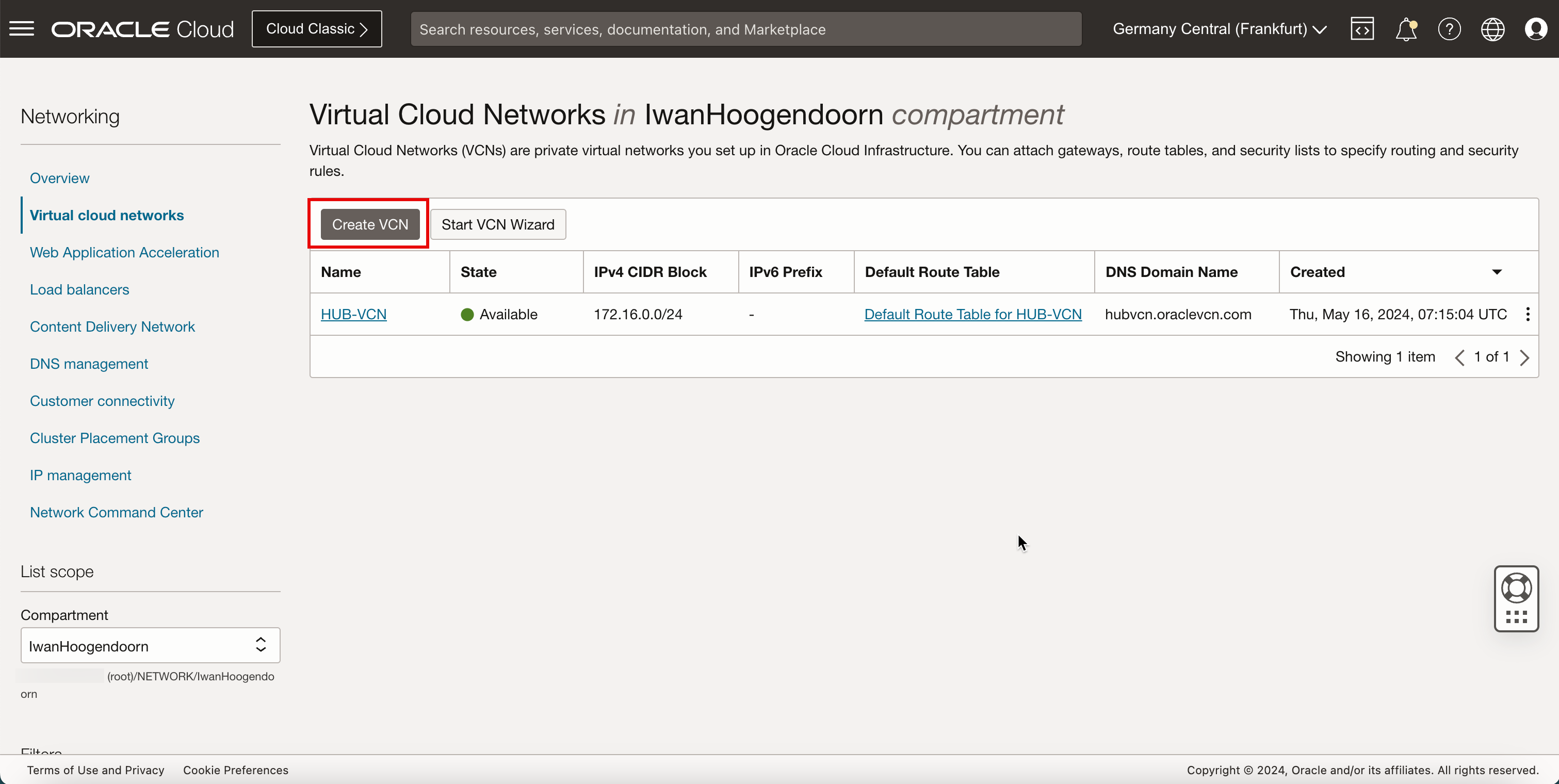

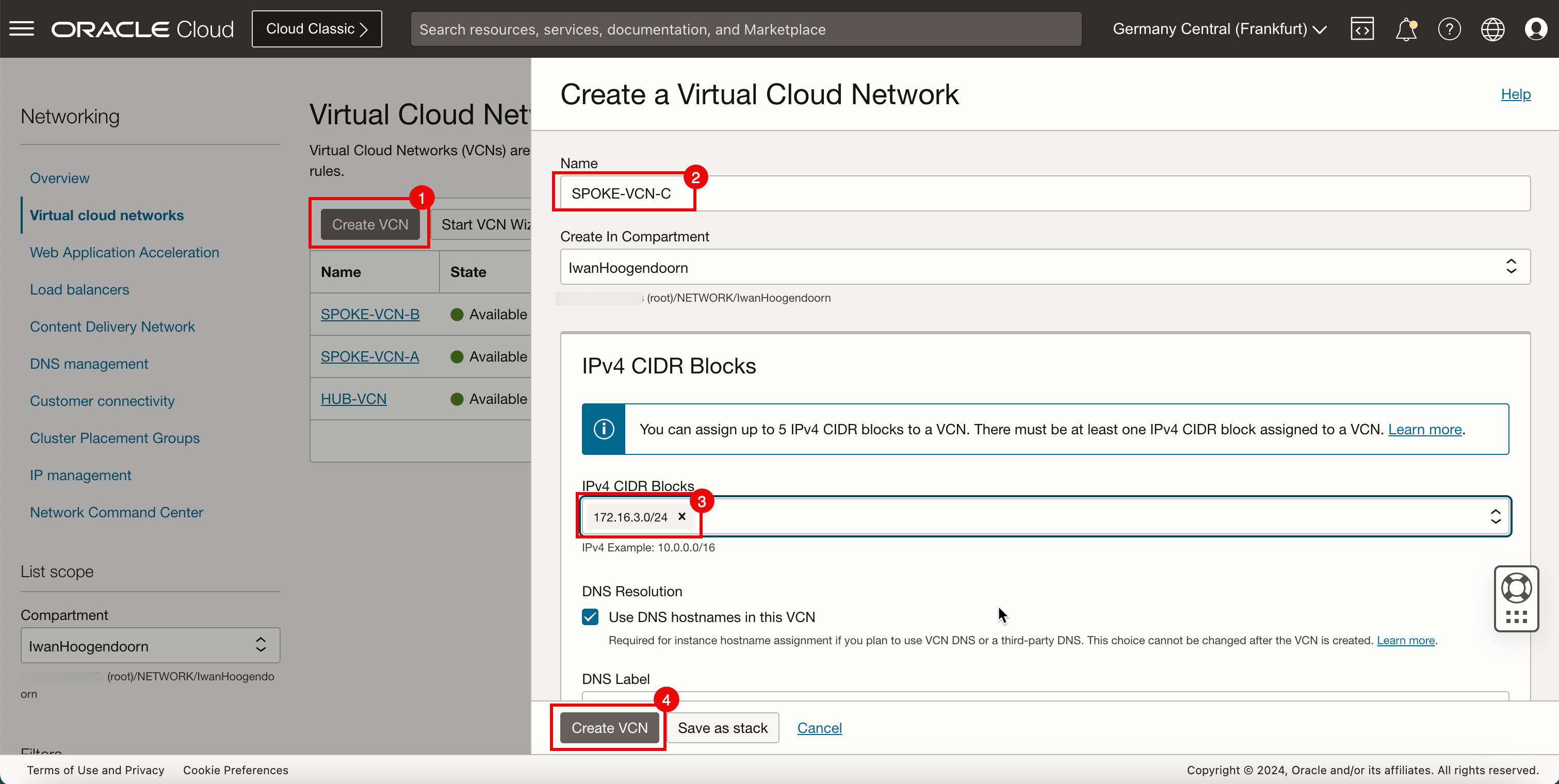

Fare clic su Crea VCN per creare la VCN.

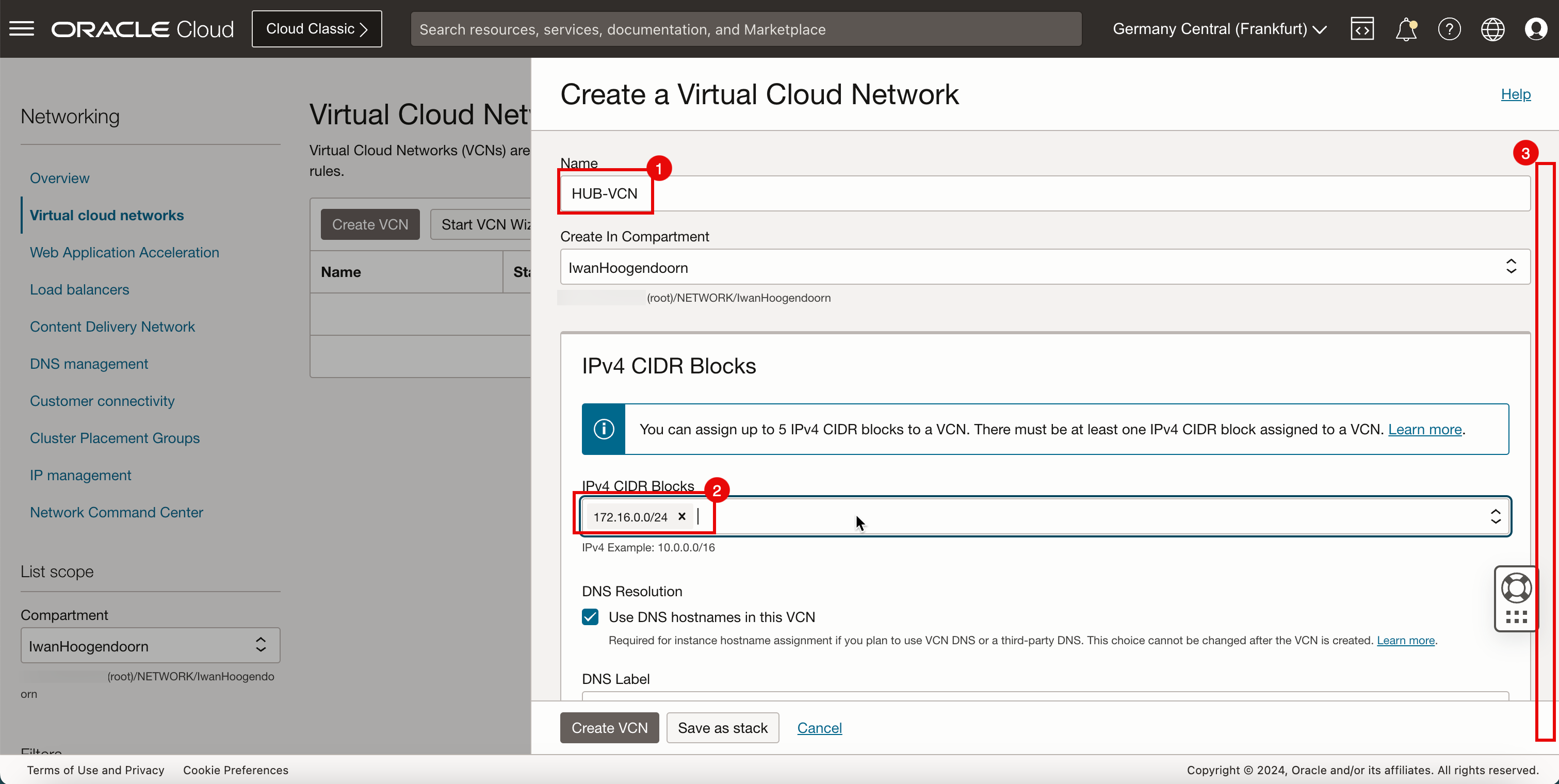

- Immettere il nome per la VCN hub.

- Immettere un blocco CIDRIPv4 CIDR IPv4 per la VCN hub.

- scorrere in Basso.

-

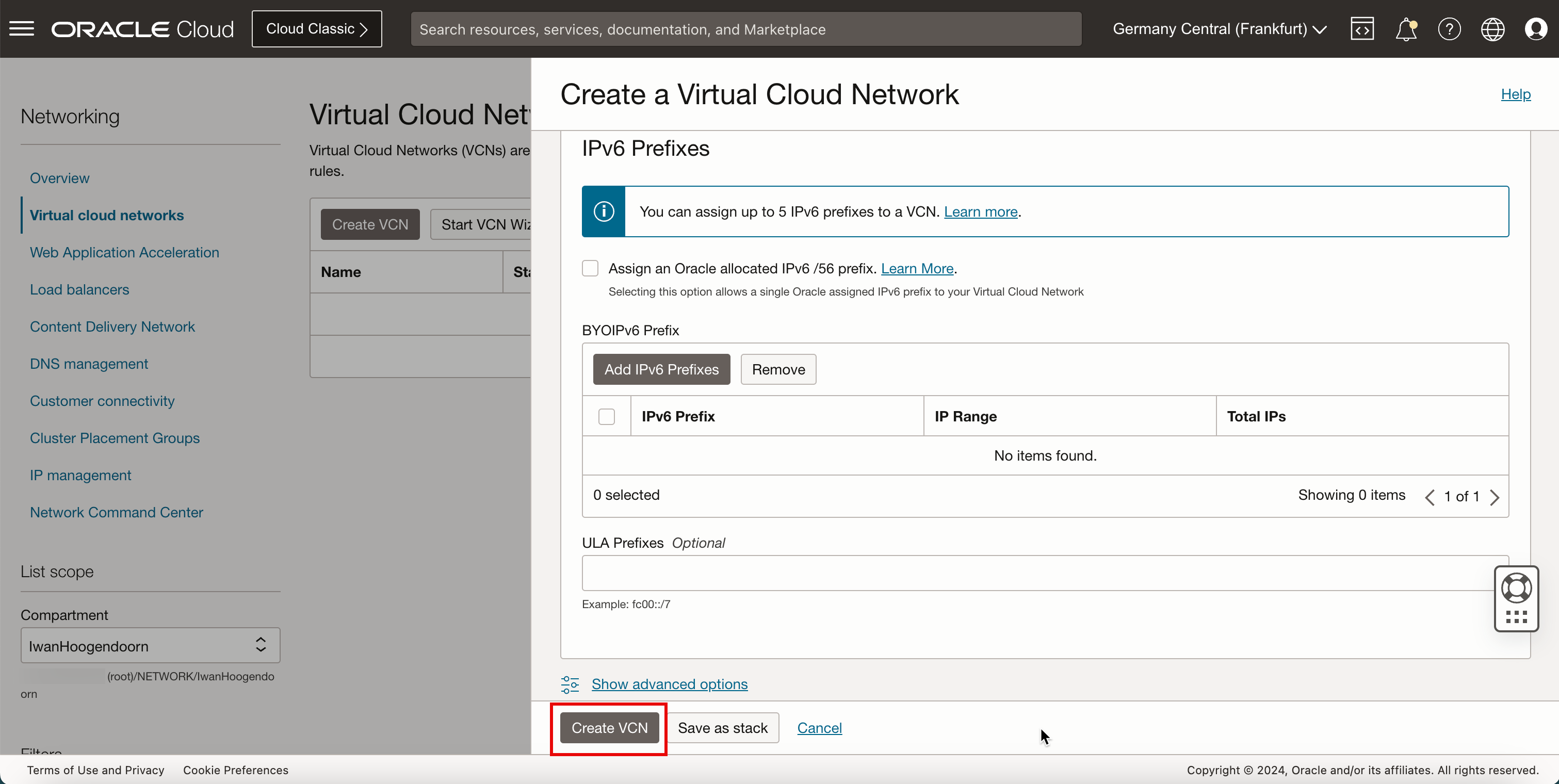

Fare clic su Crea VCN.

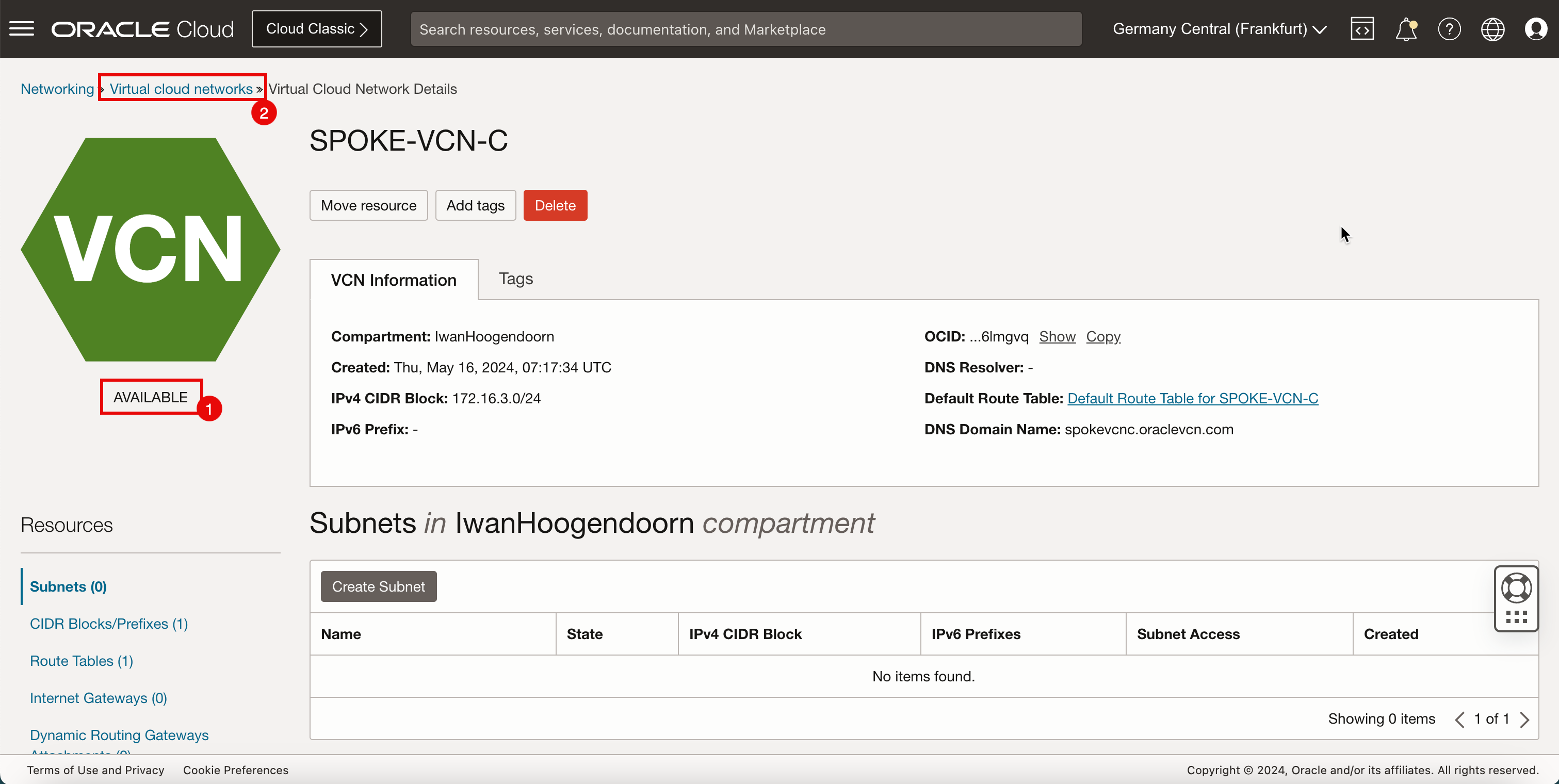

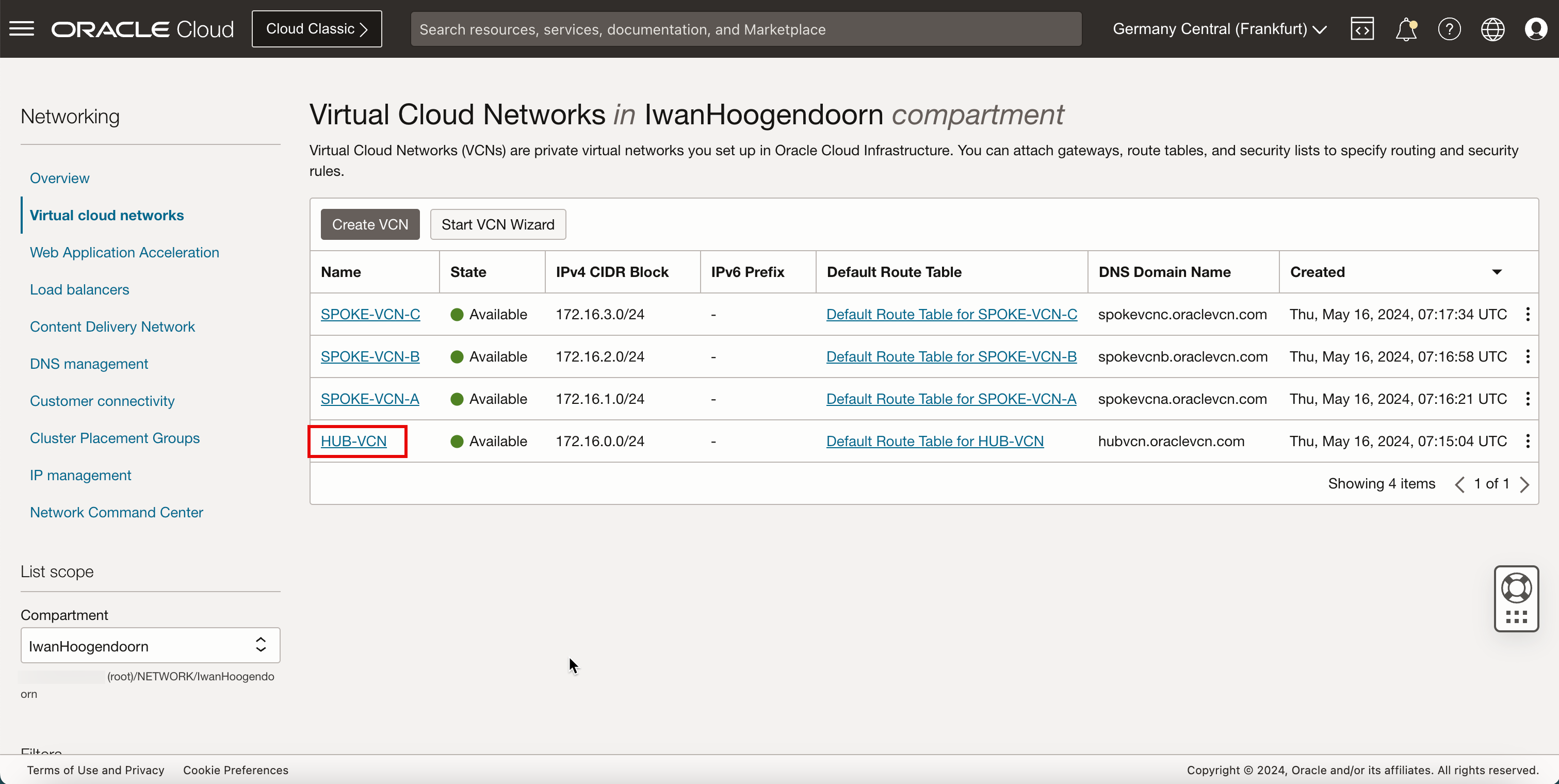

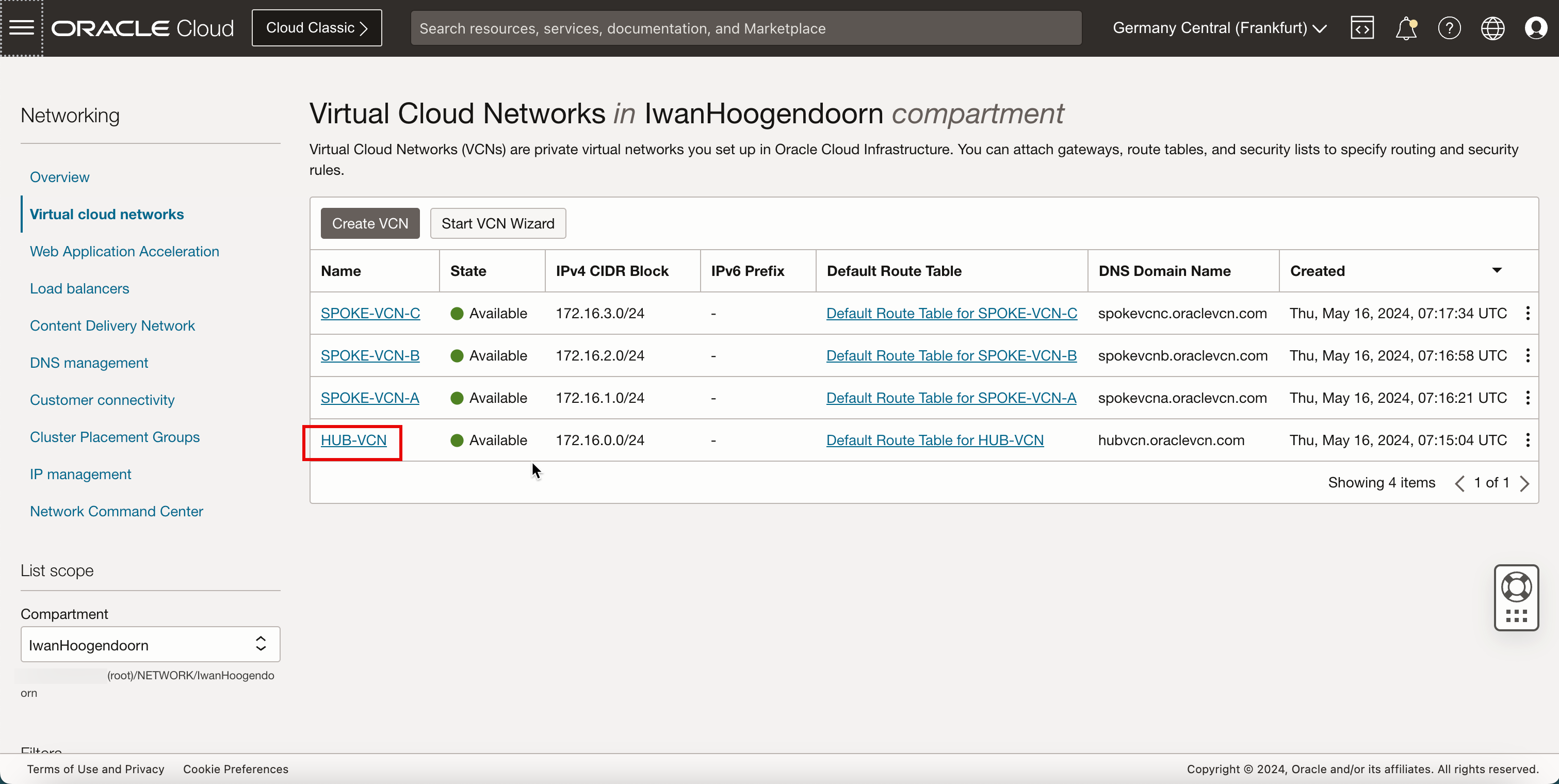

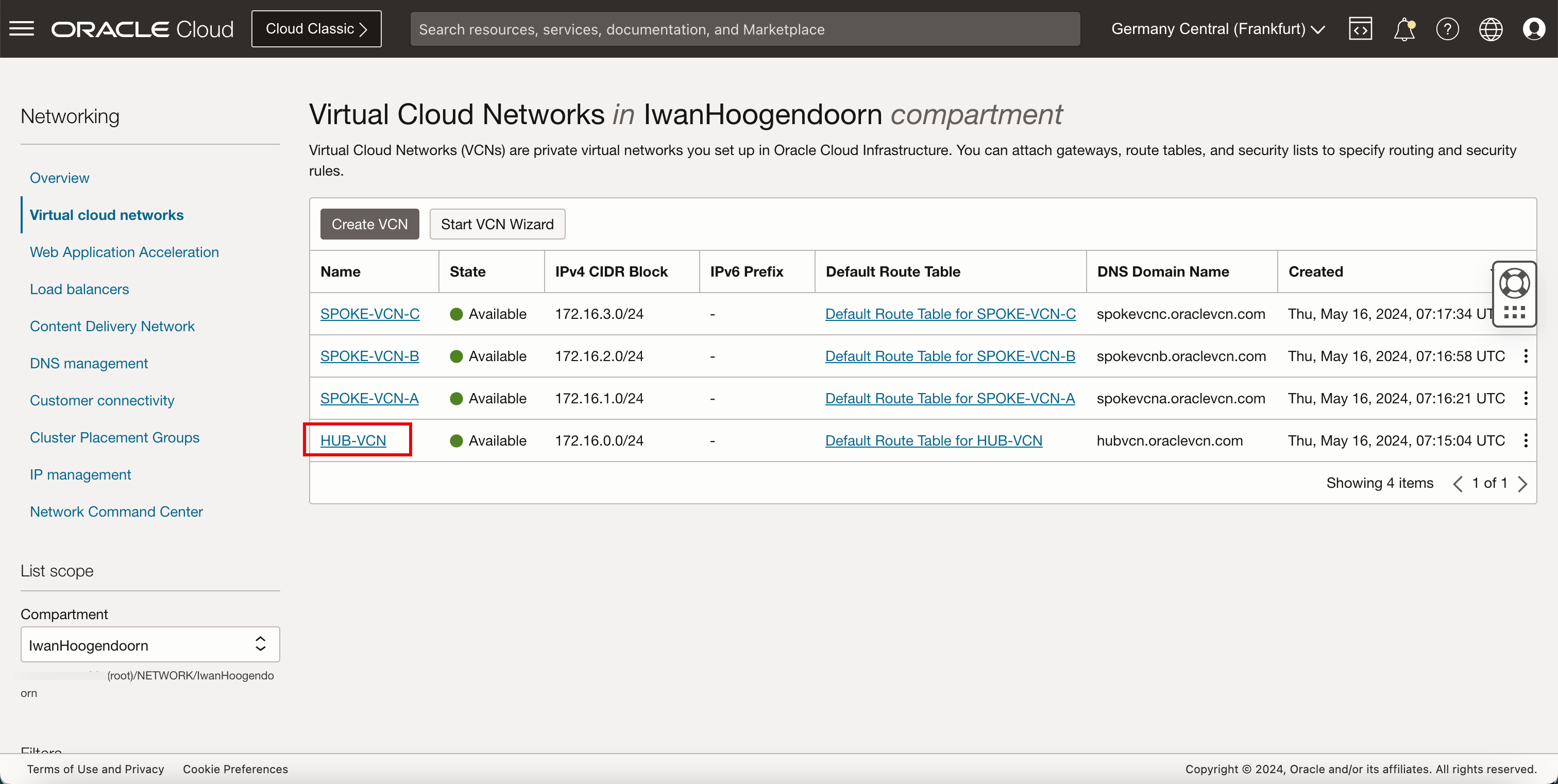

- Si noti che la VCN hub è DISPONIBILE.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

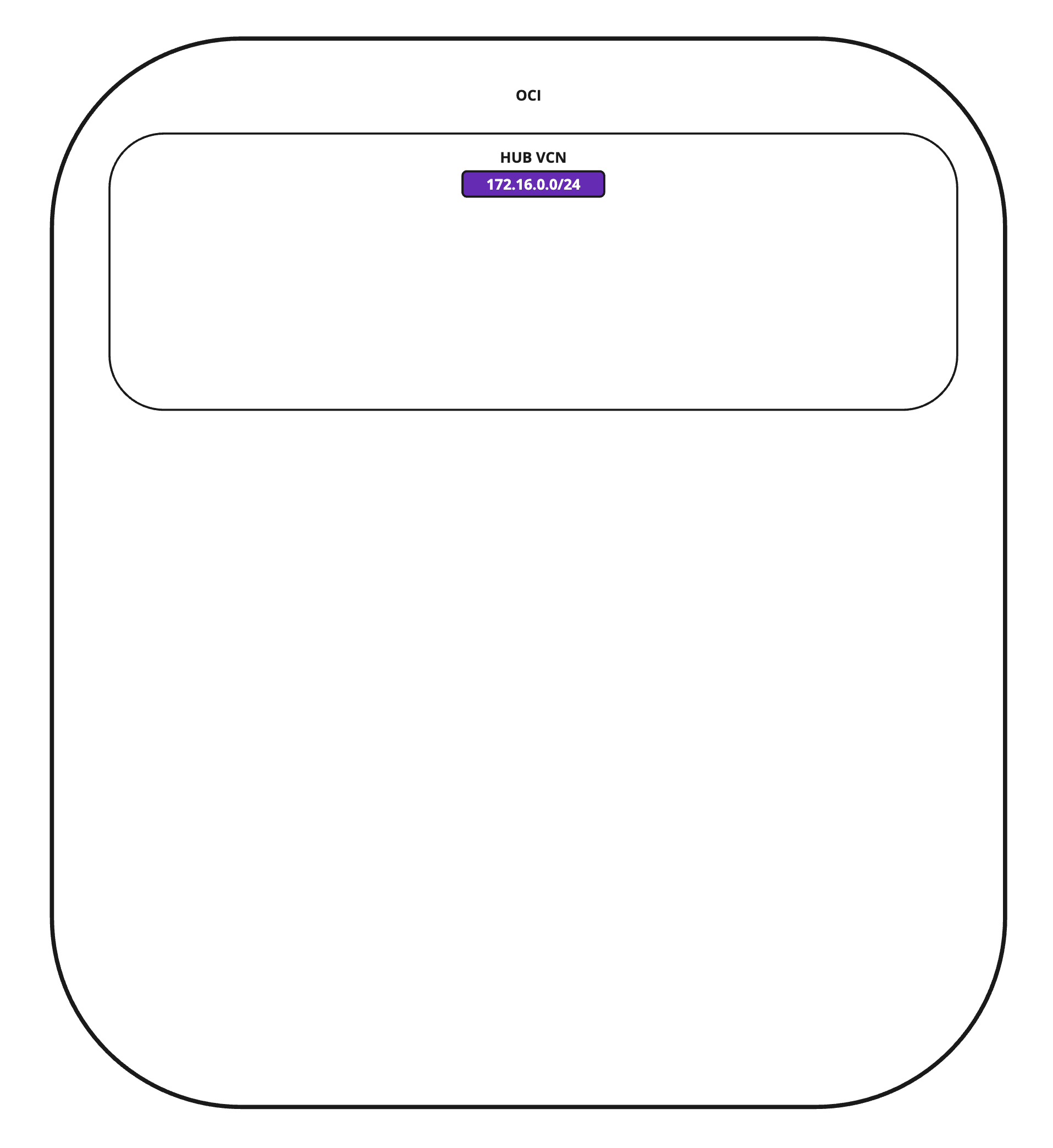

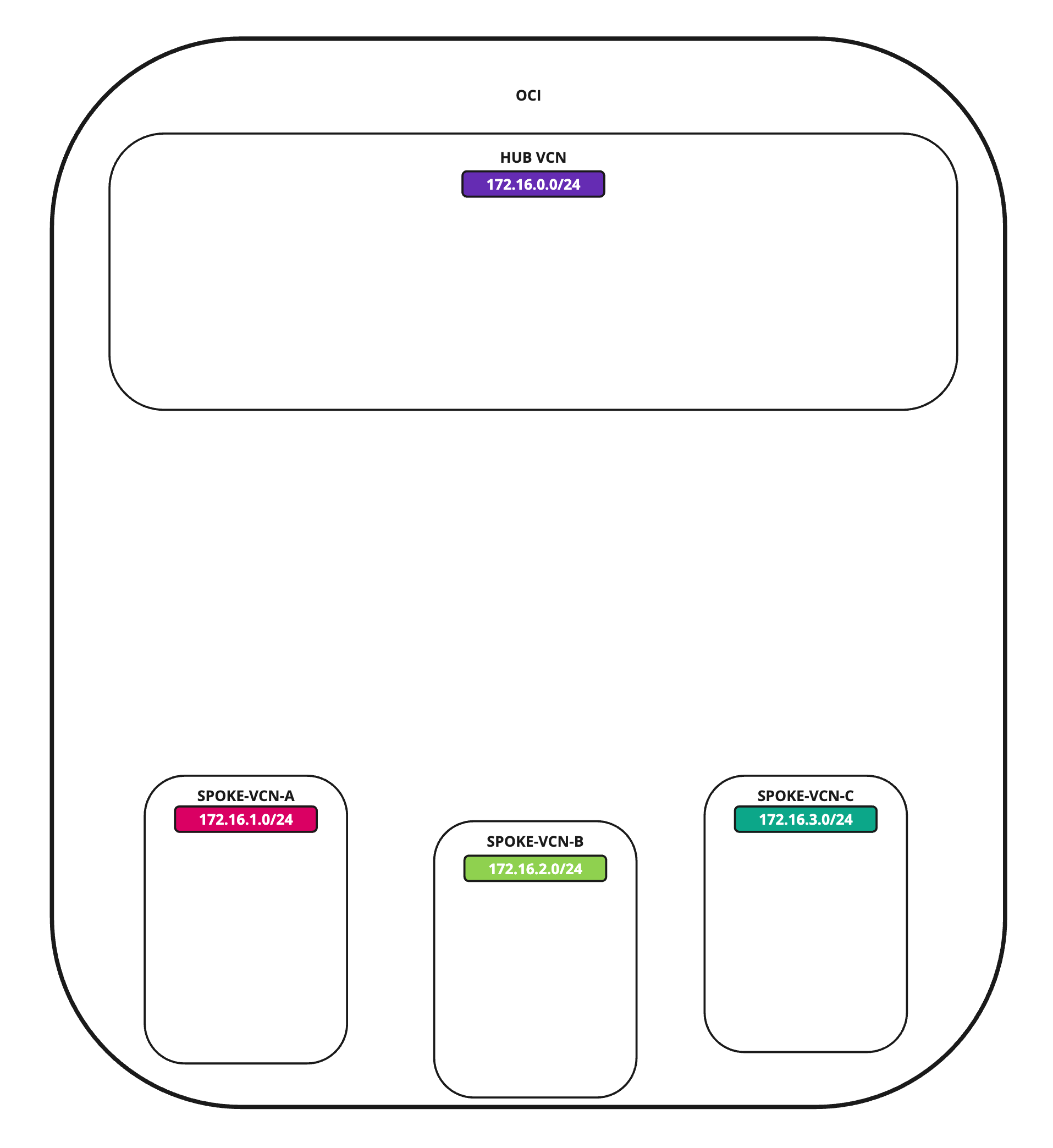

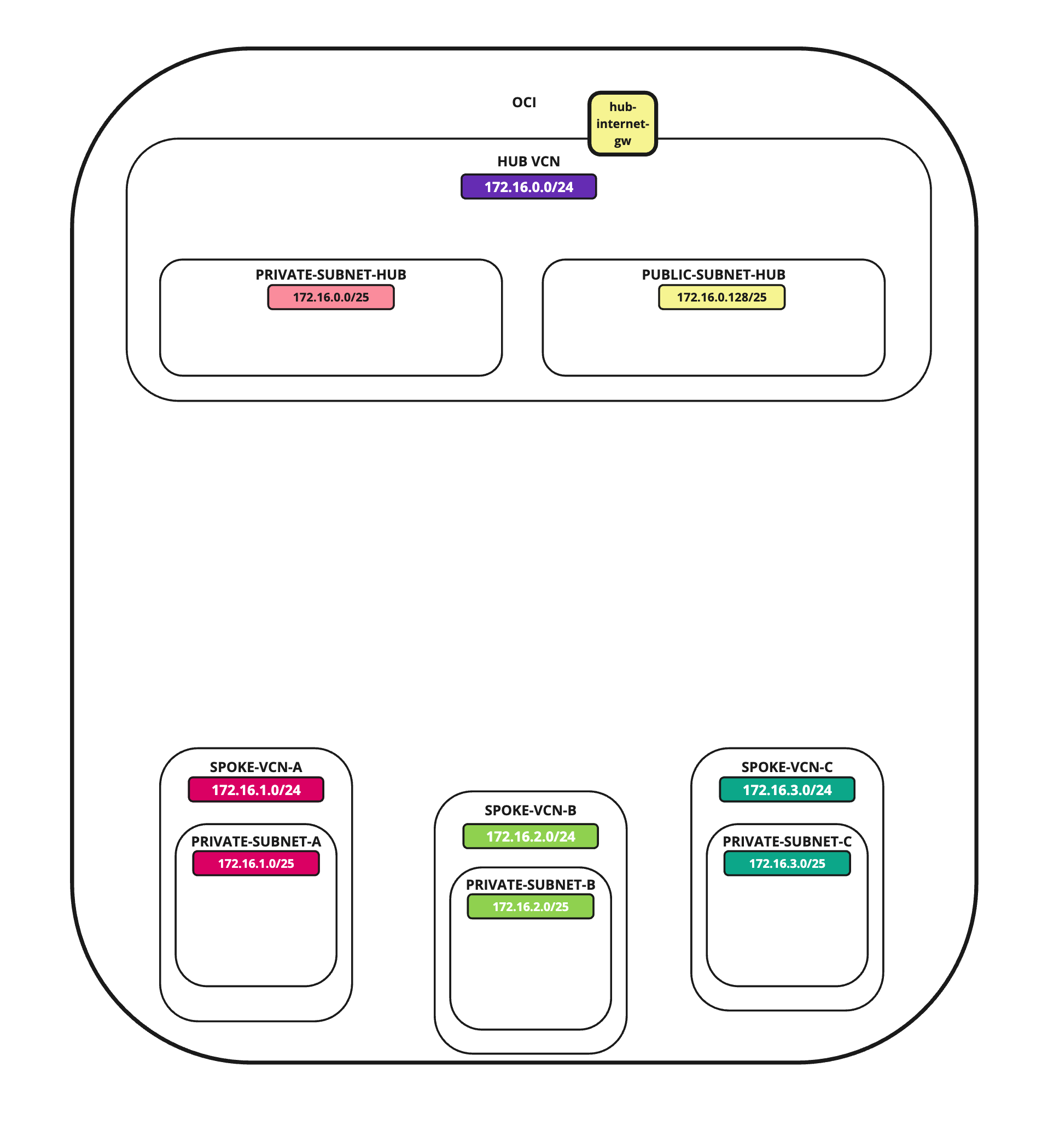

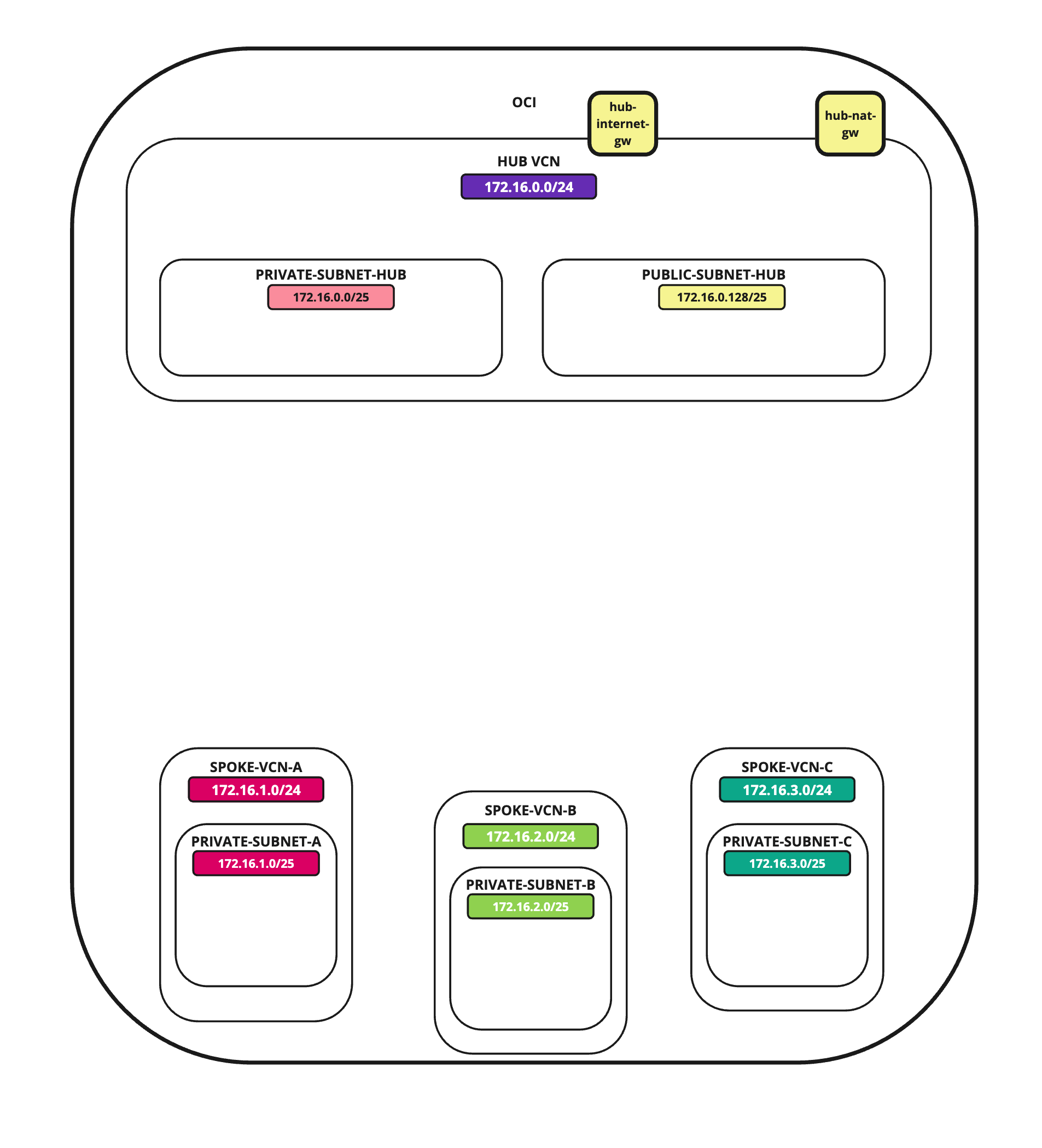

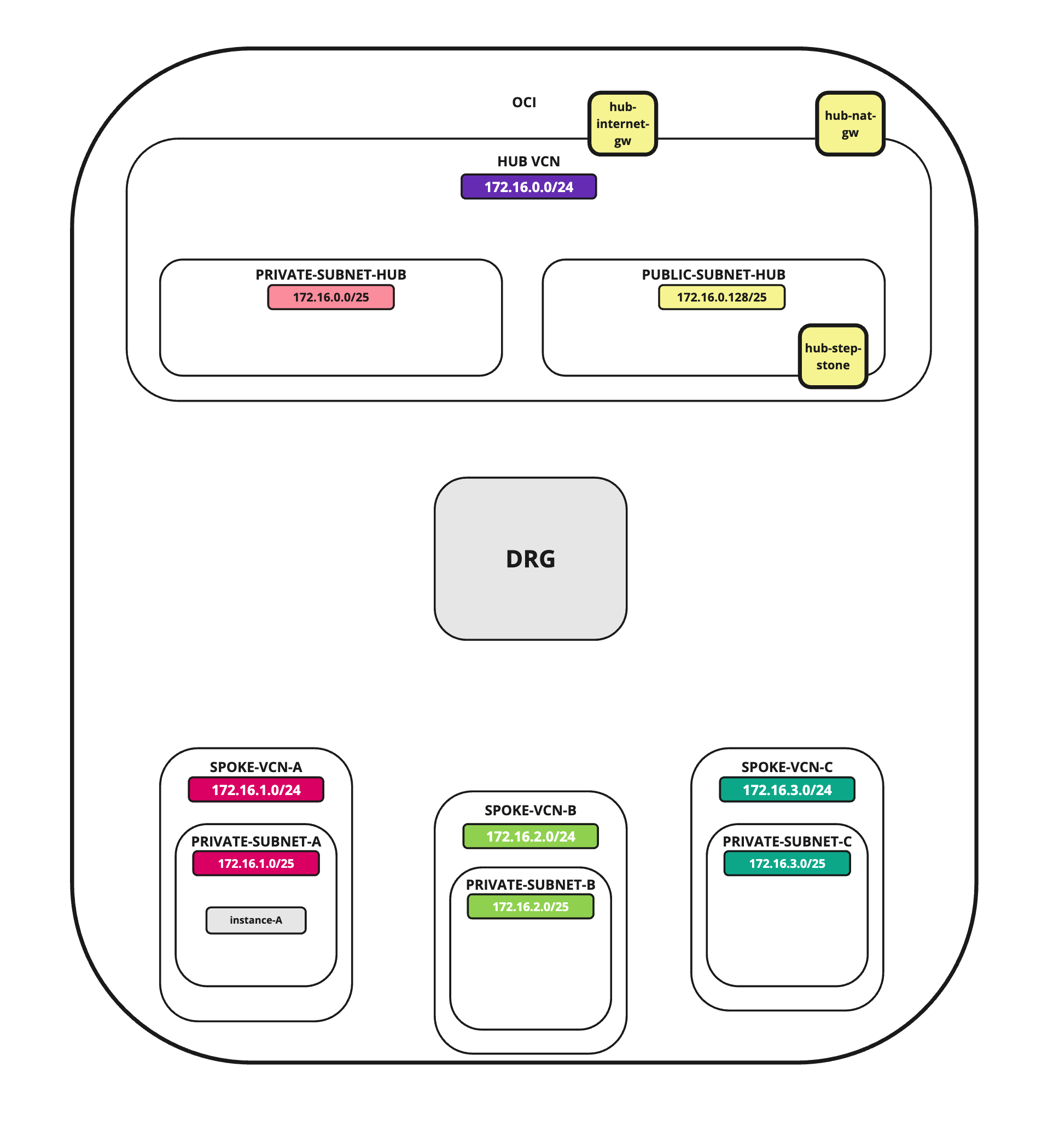

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

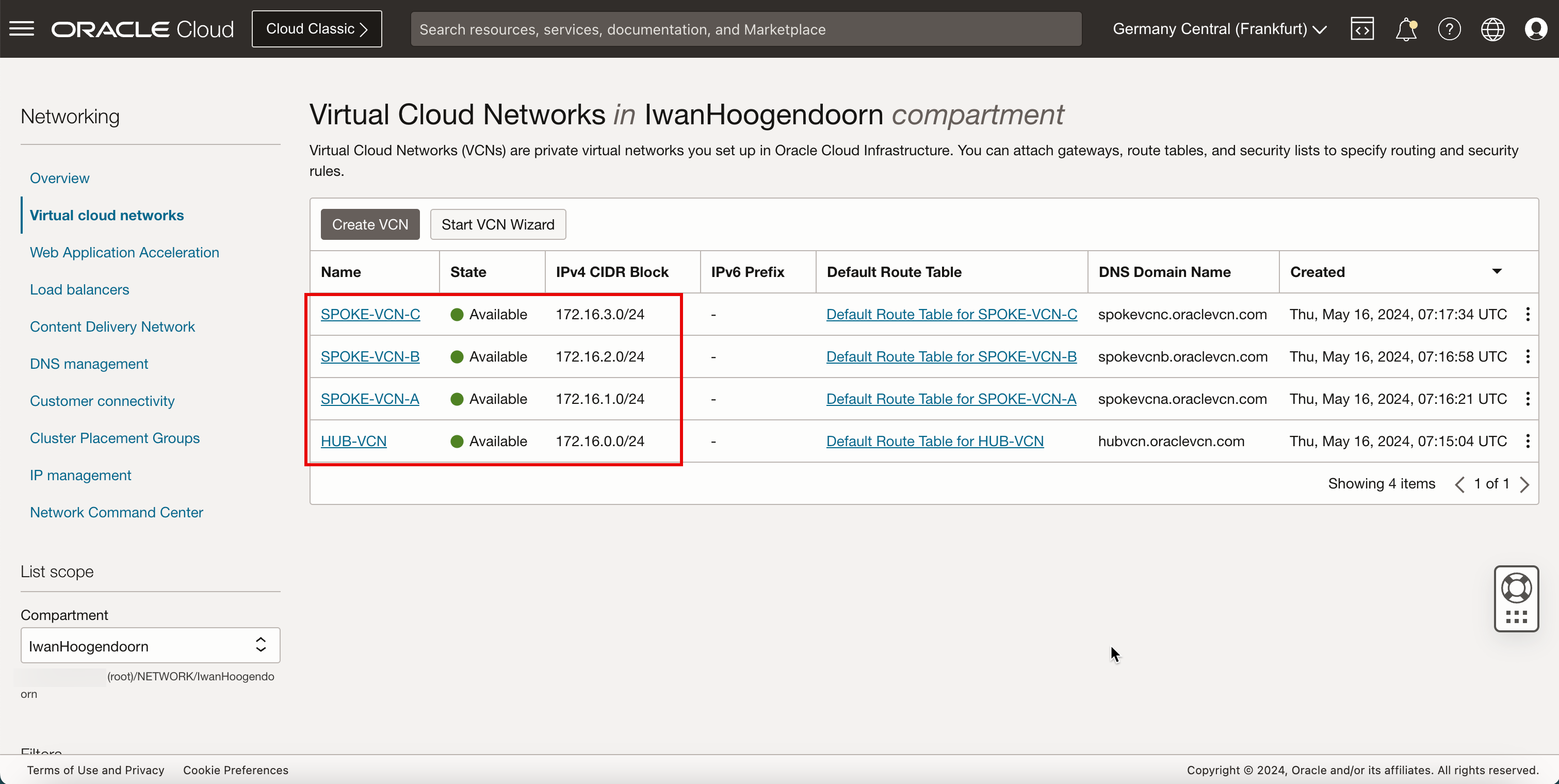

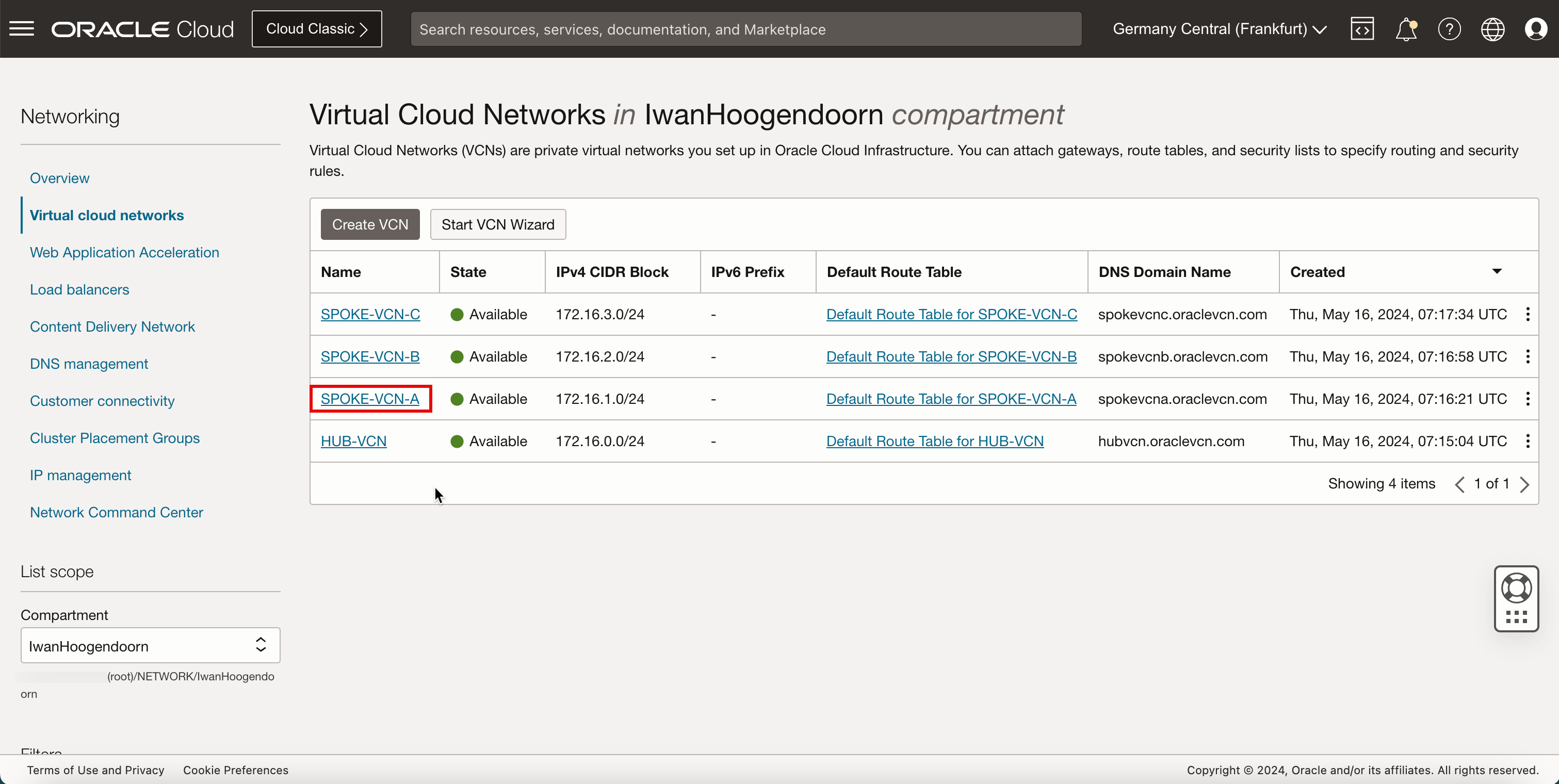

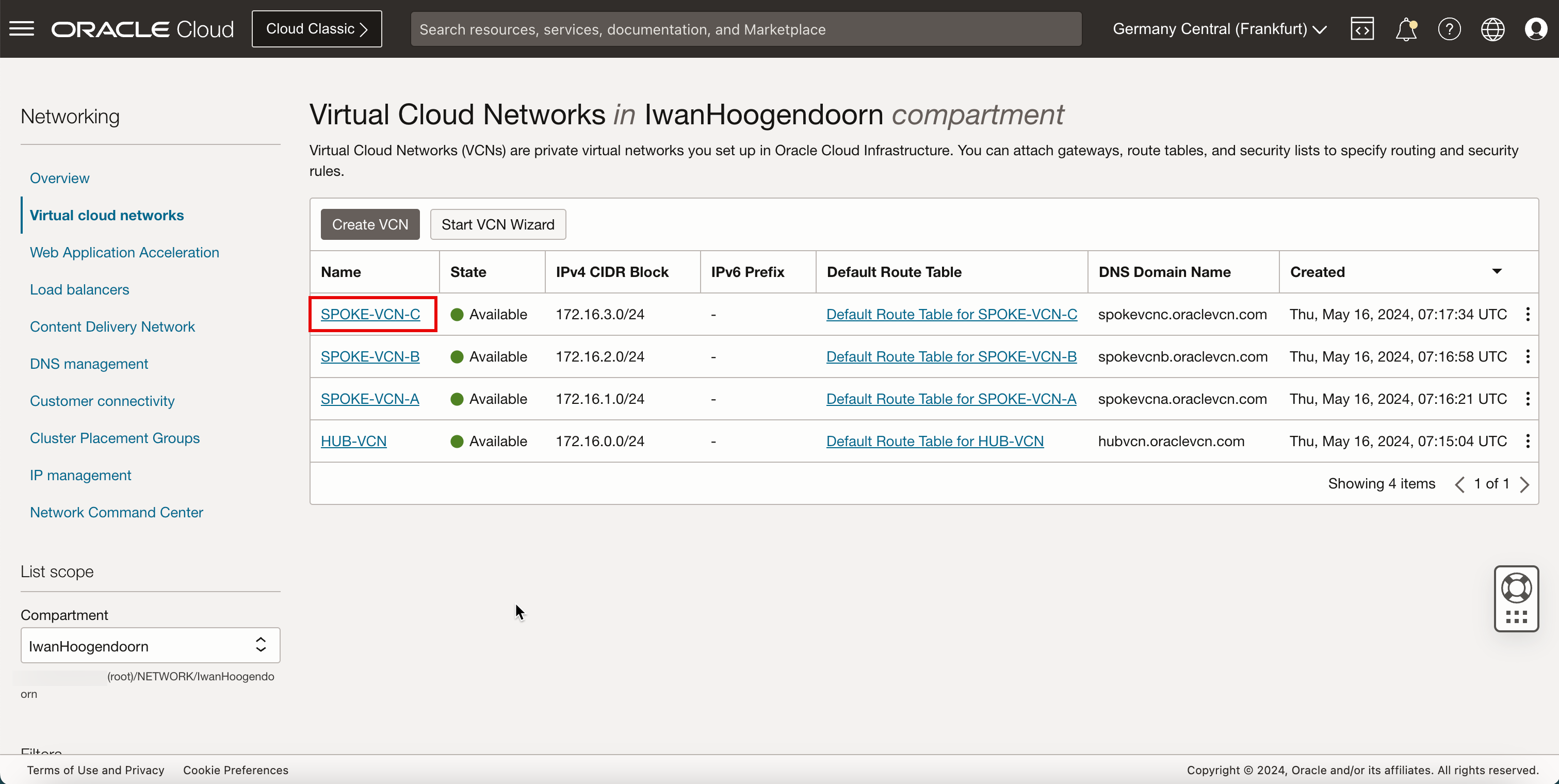

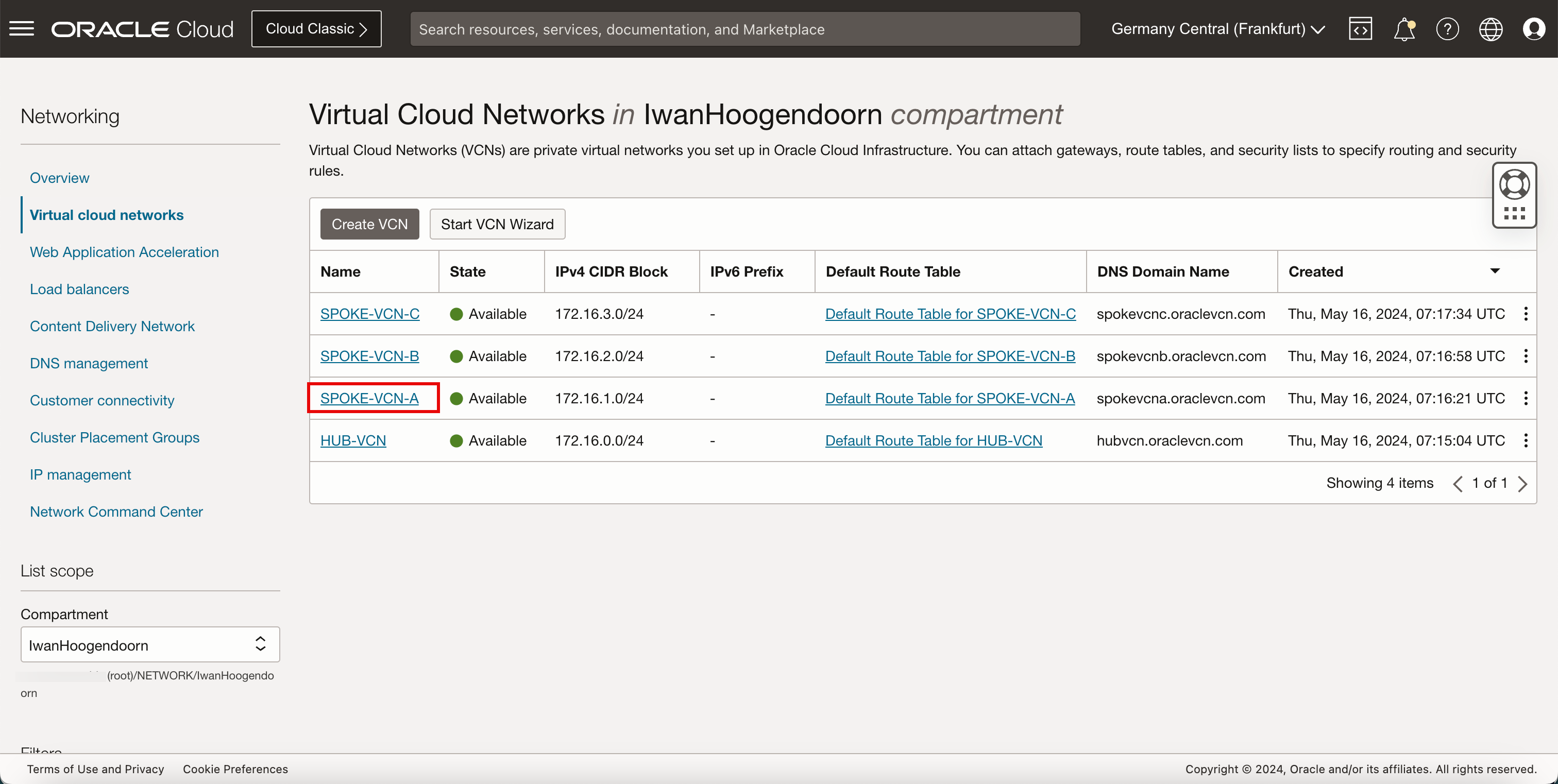

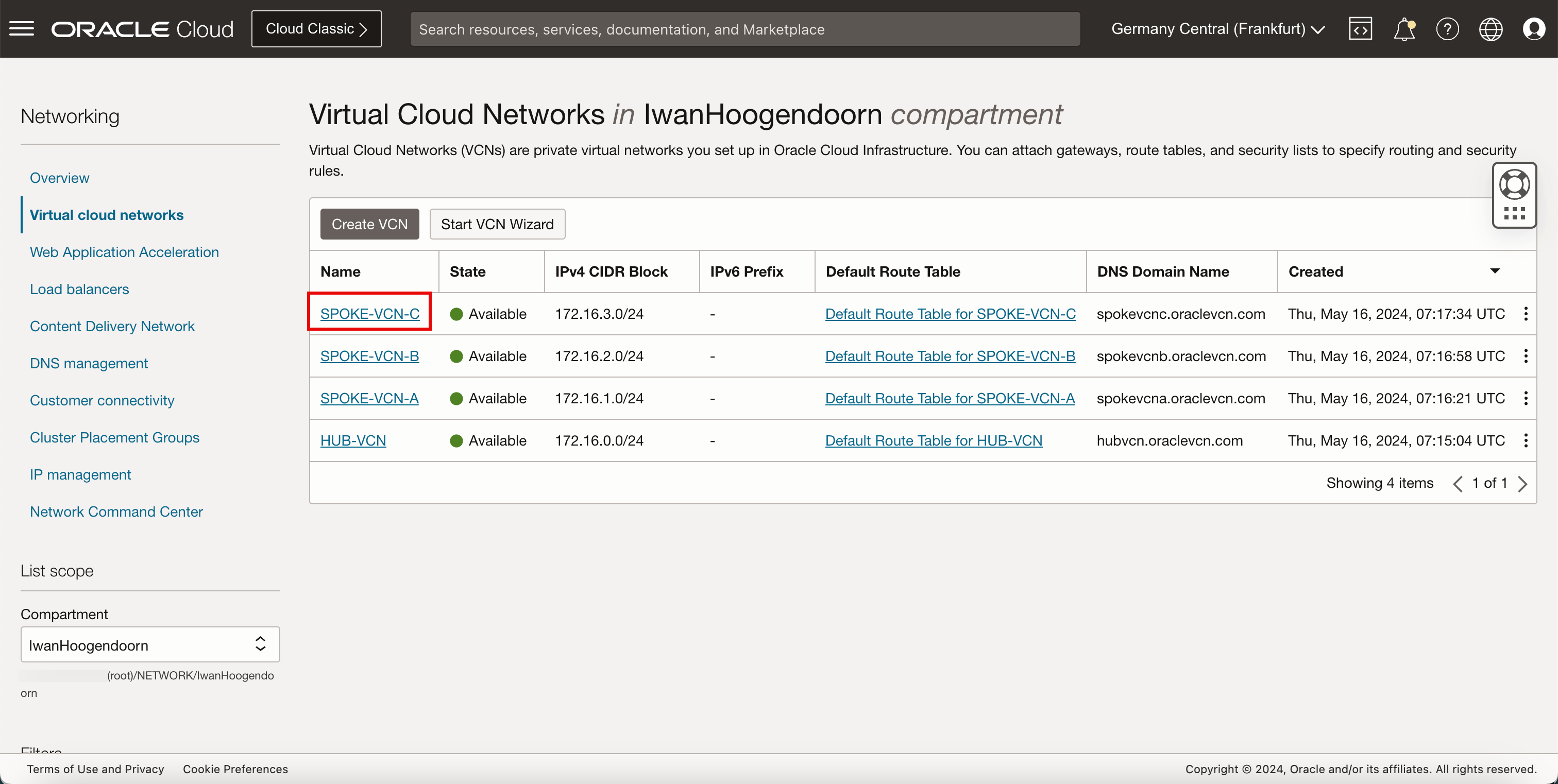

Ora, creeremo tre VCN a raggi (Spoke A, Spoke B e Spoke C).

-

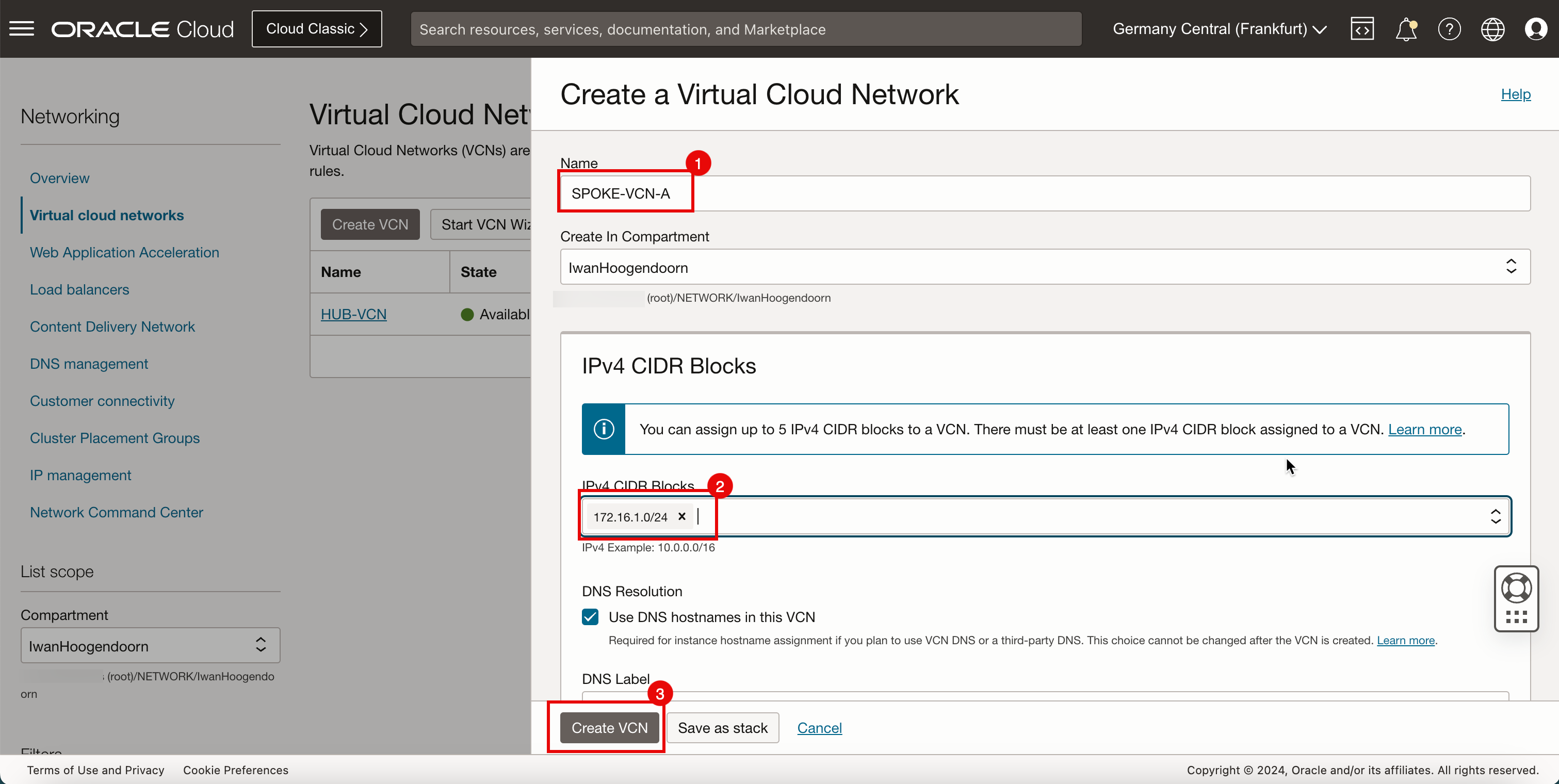

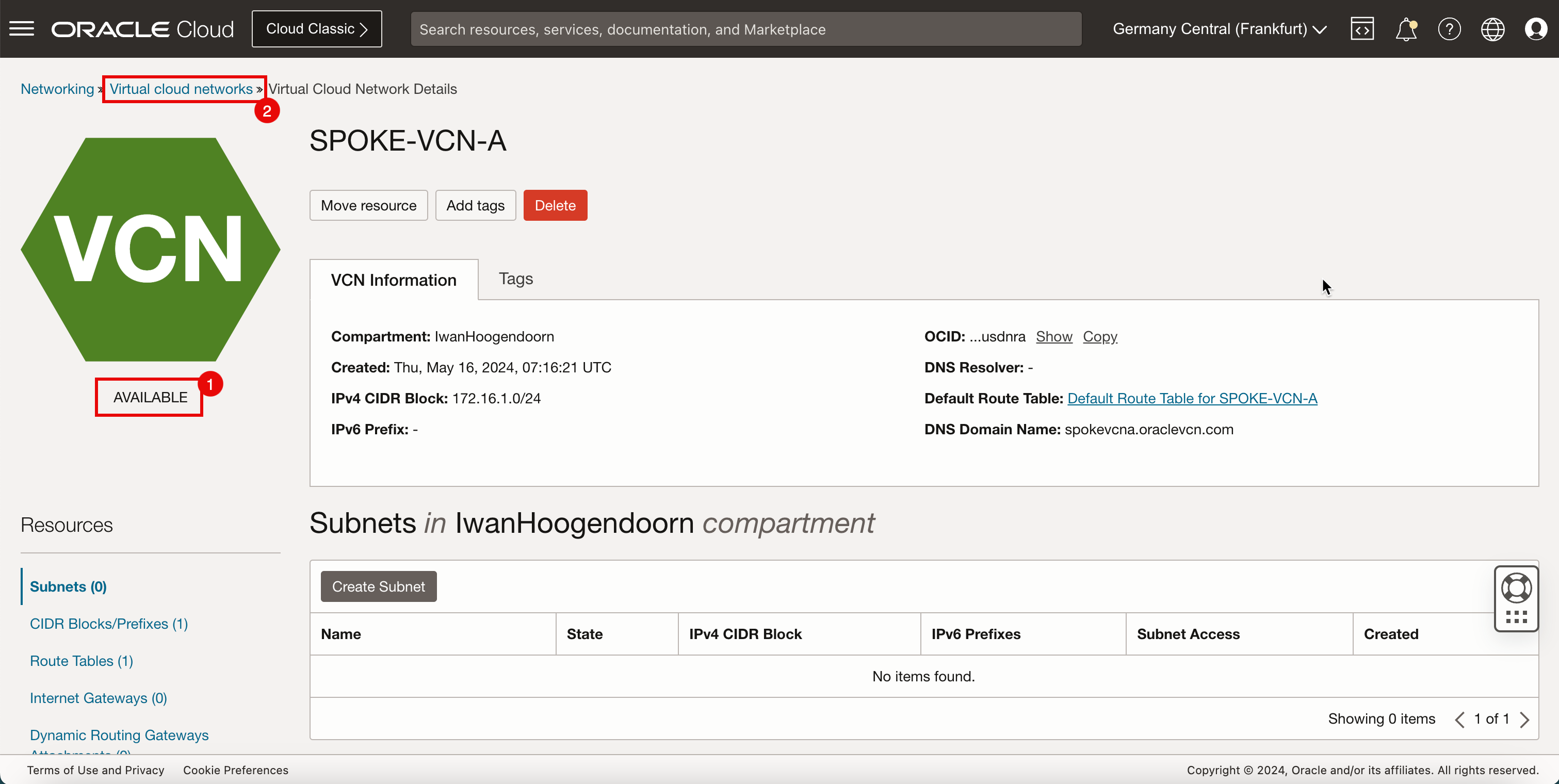

Fare clic su Crea VCN per creare la prima VCN spoke (Spoke A).

- Immettere il nome per la VCN spoke.

- Immettere un blocco CIDRIPv4 CIDR IPv4 per la VCN spoke.

- Fare clic su Crea VCN.

- Si noti che la VCN spoke è DISPONIBILE.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

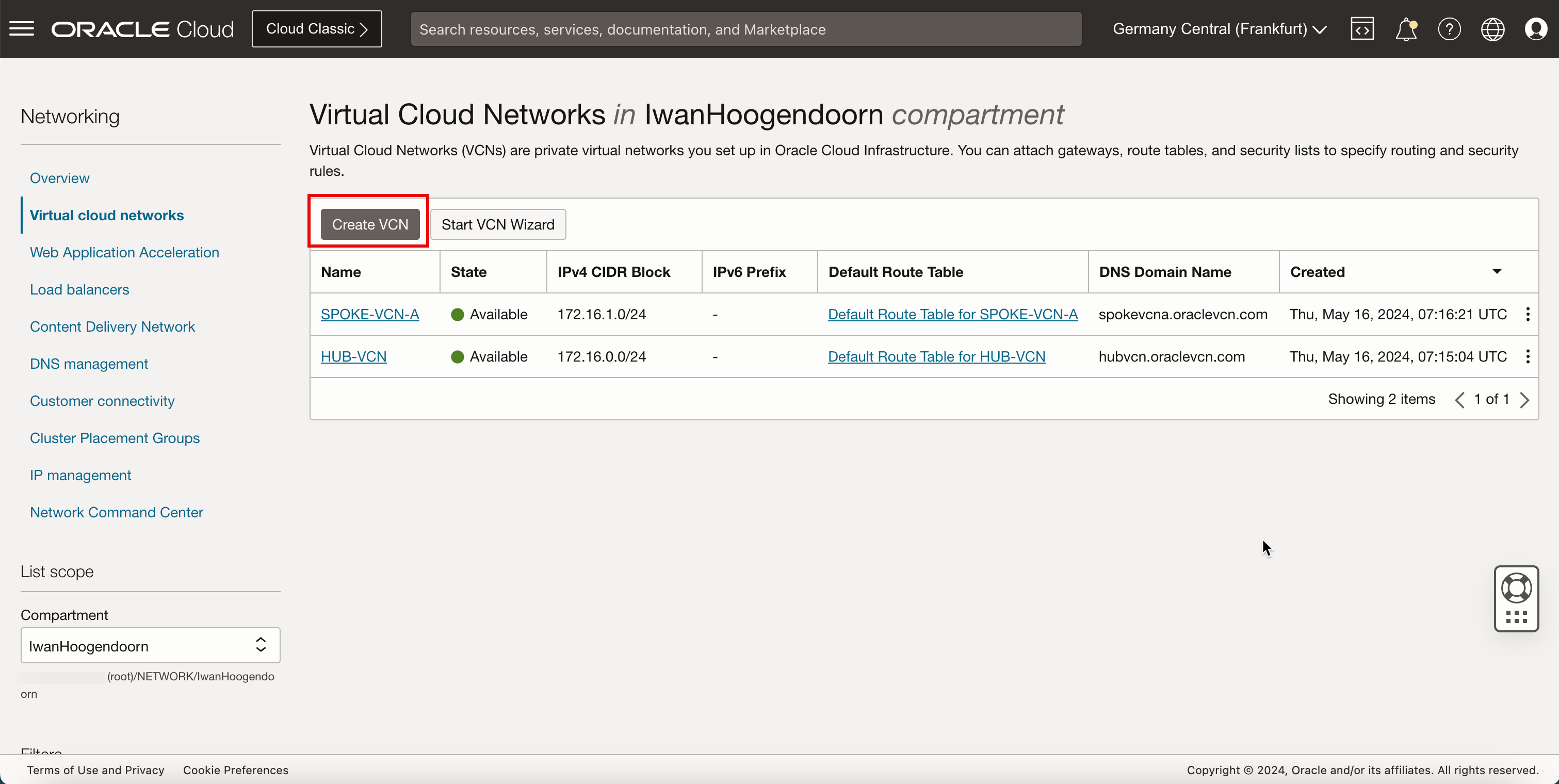

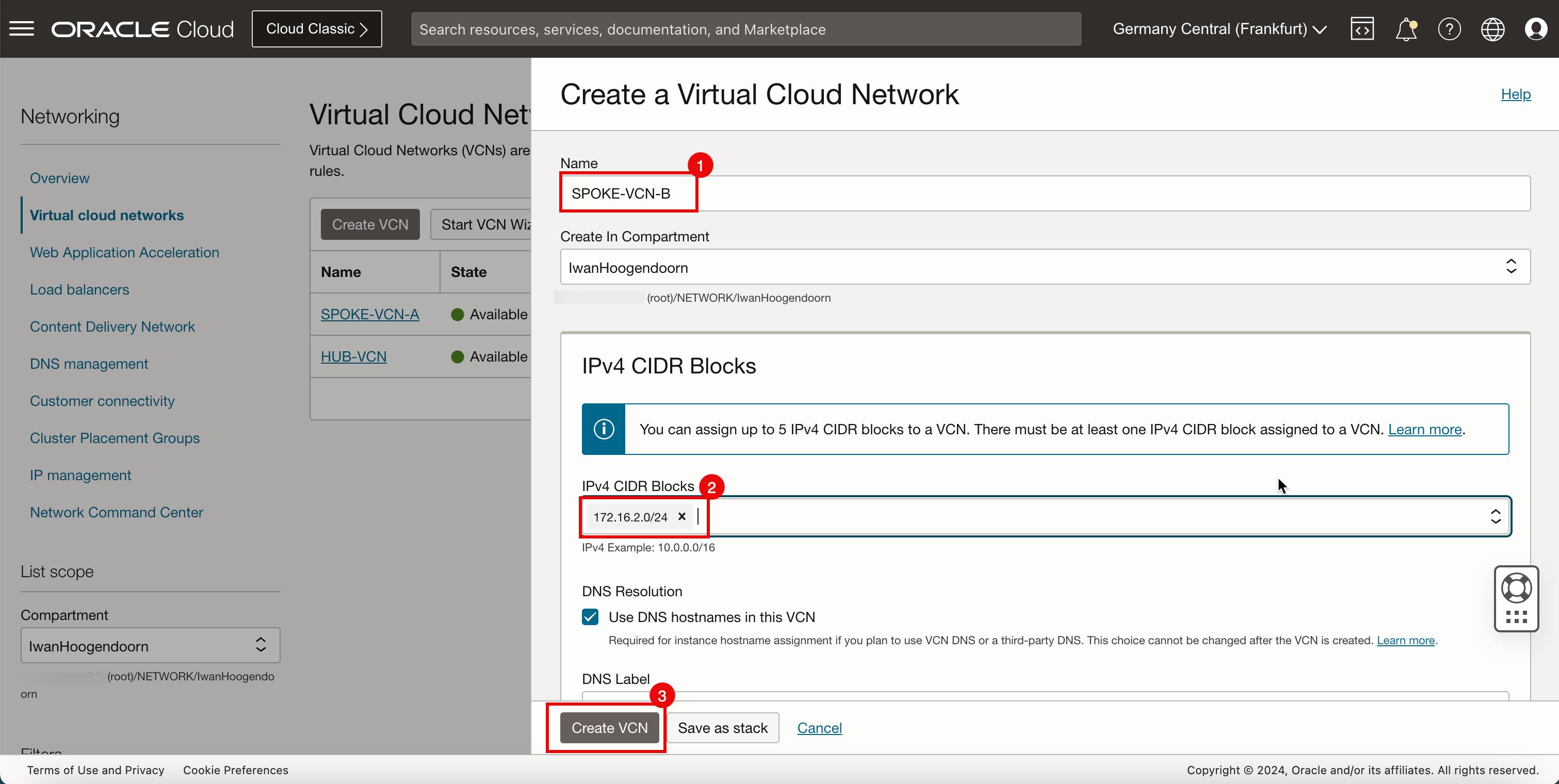

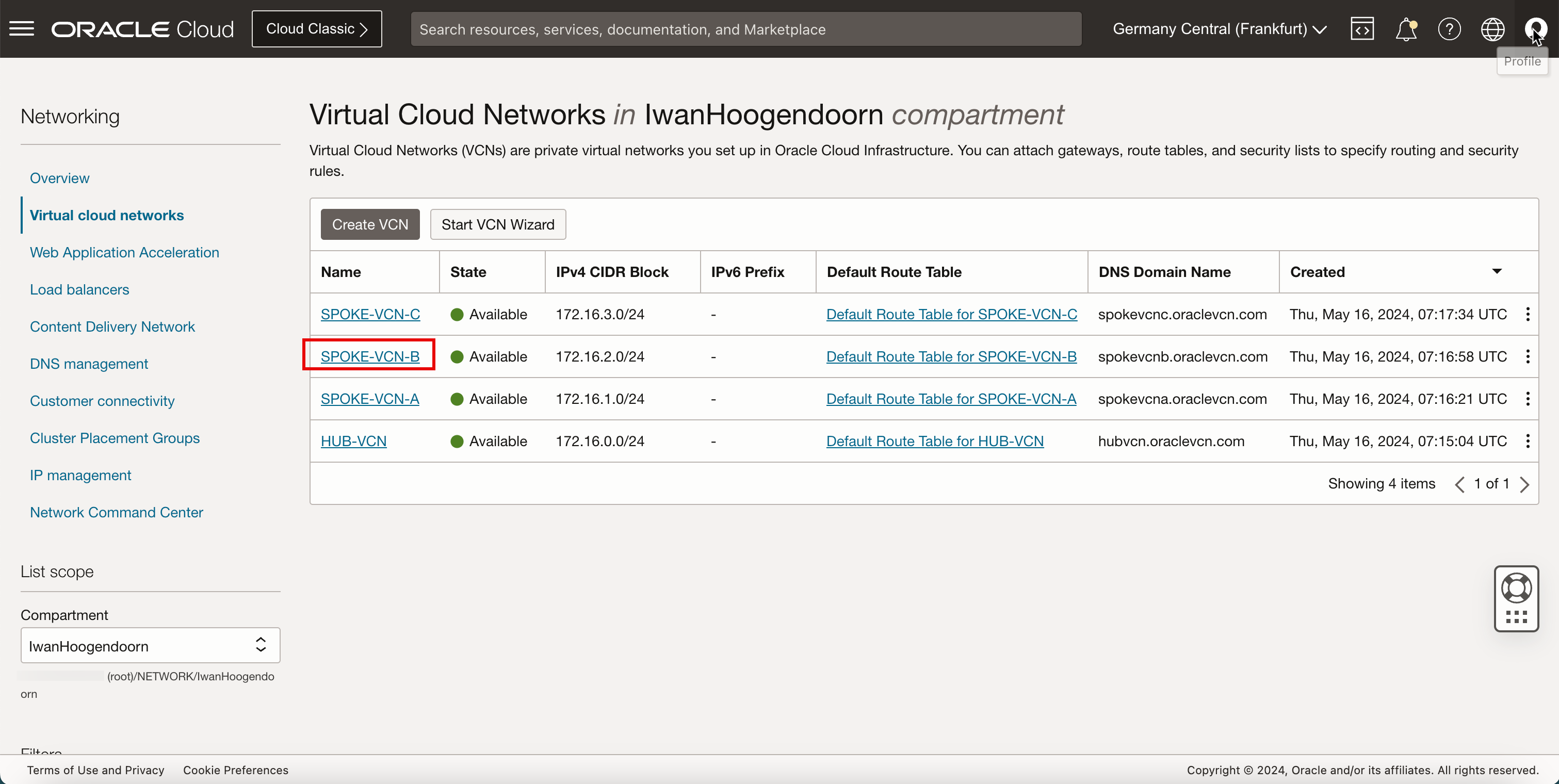

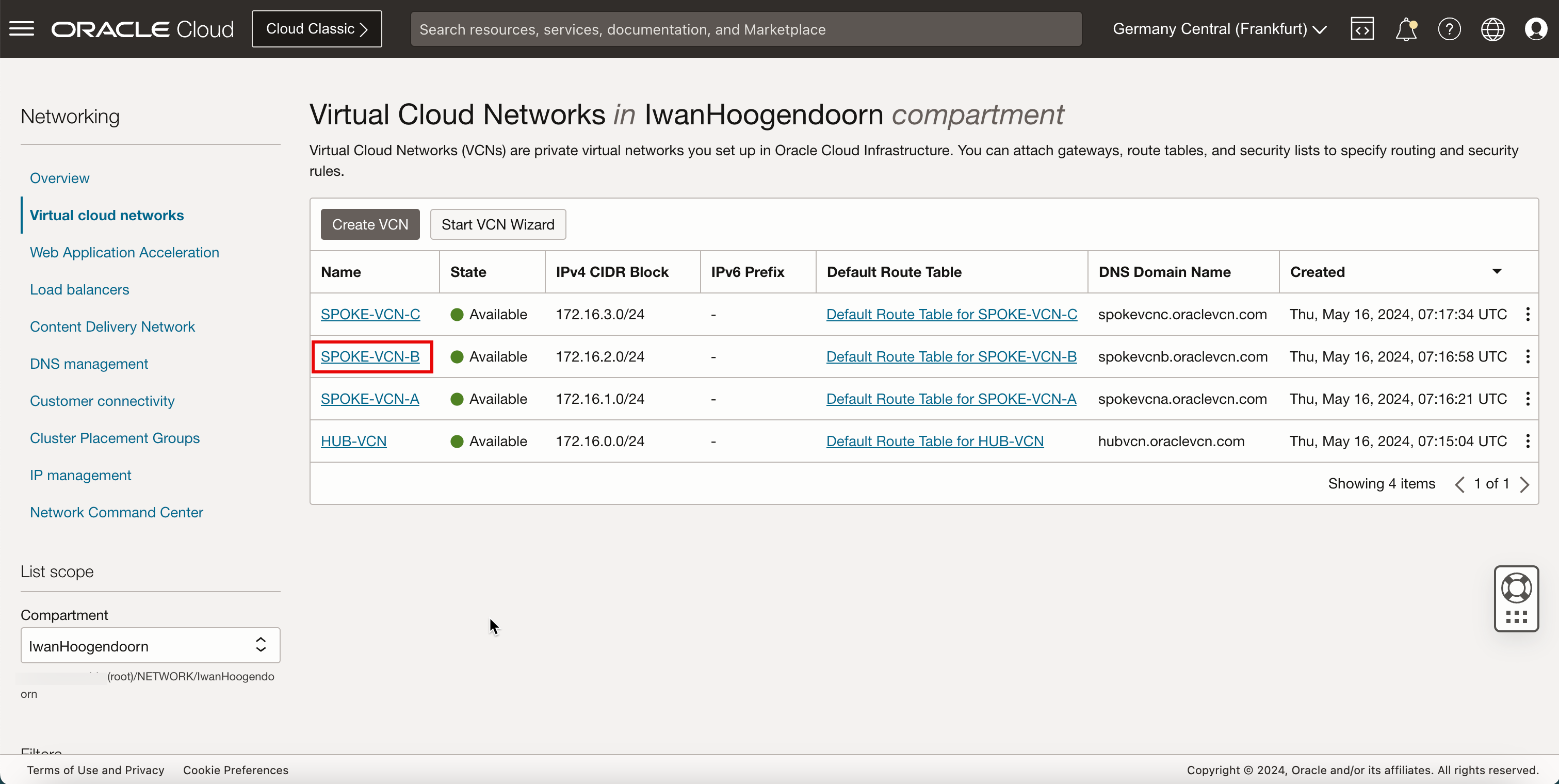

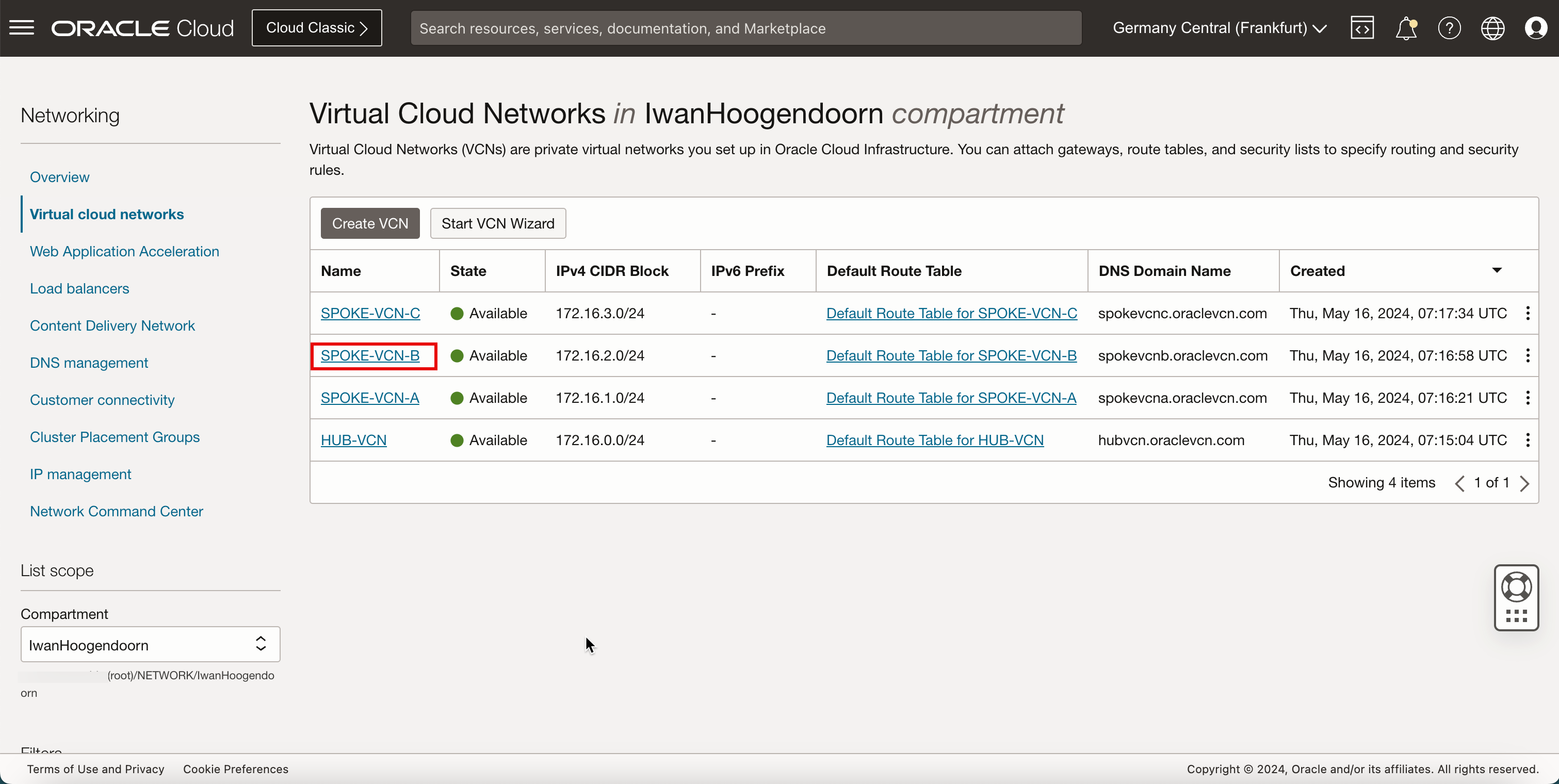

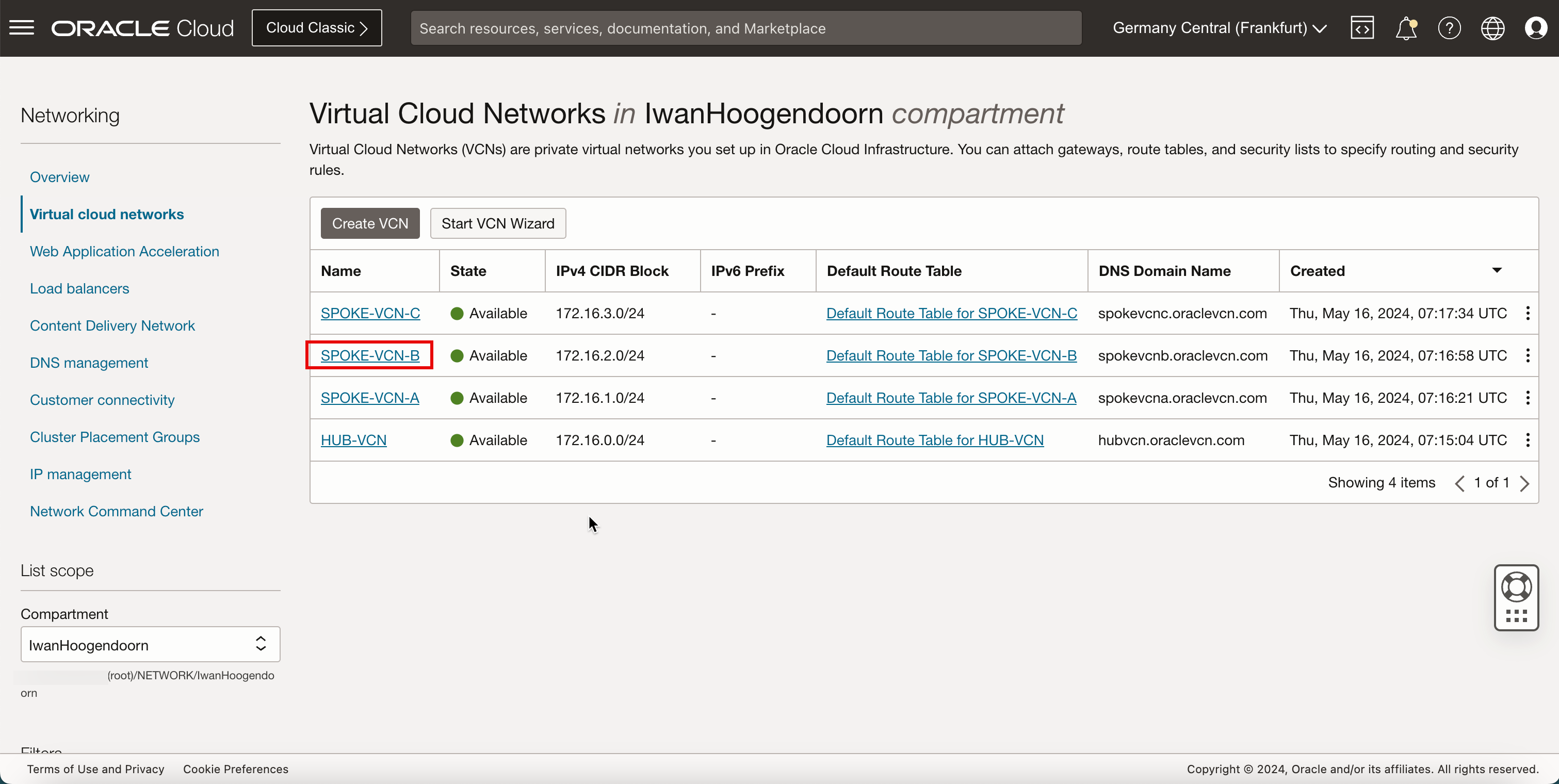

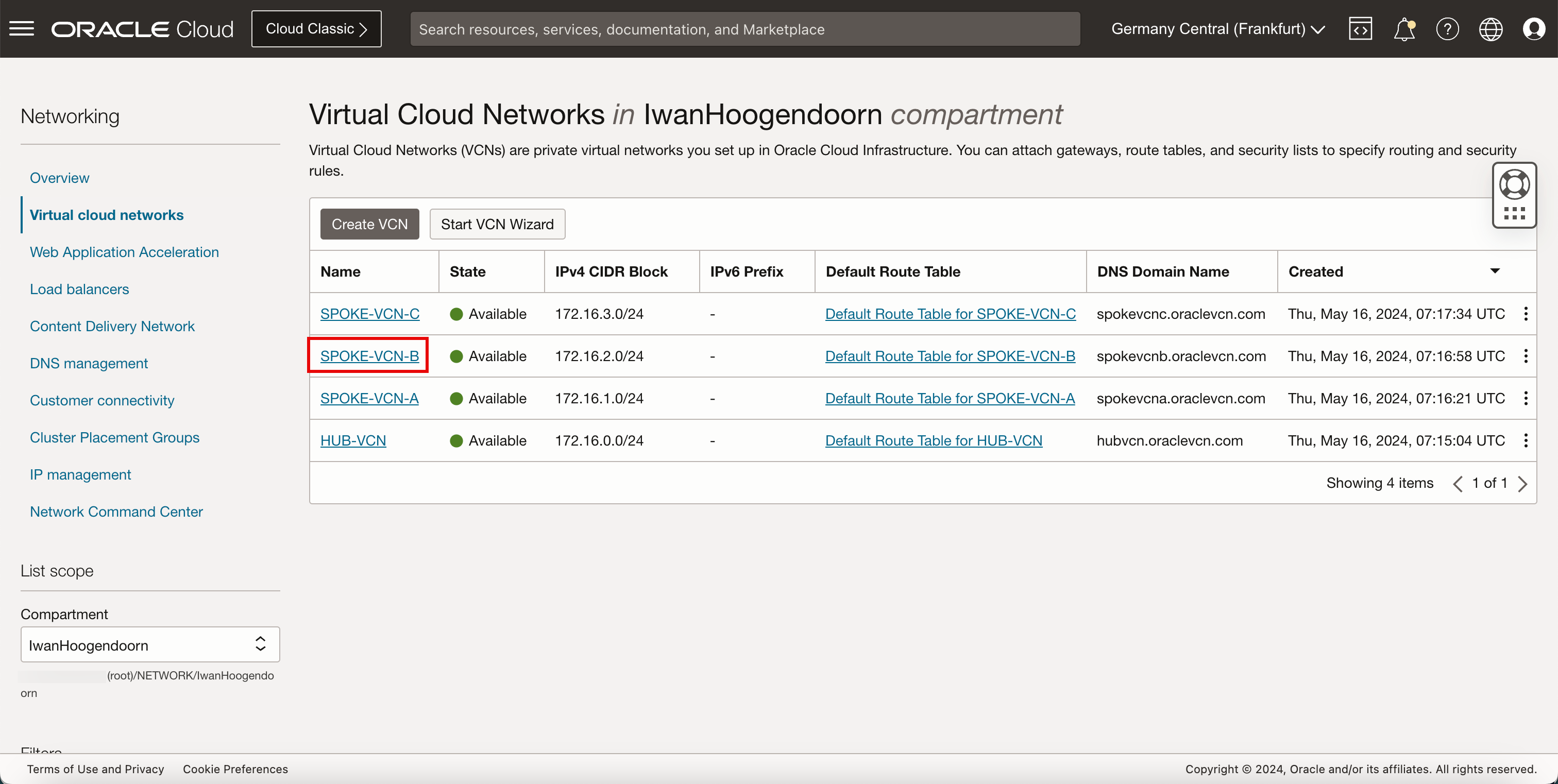

Fare clic su Crea VCN per creare la seconda VCN spoke (Spoke B).

- Immettere il nome per la VCN spoke.

- Immettere un blocco CIDRIPv4 CIDR IPv4 per la VCN hub.

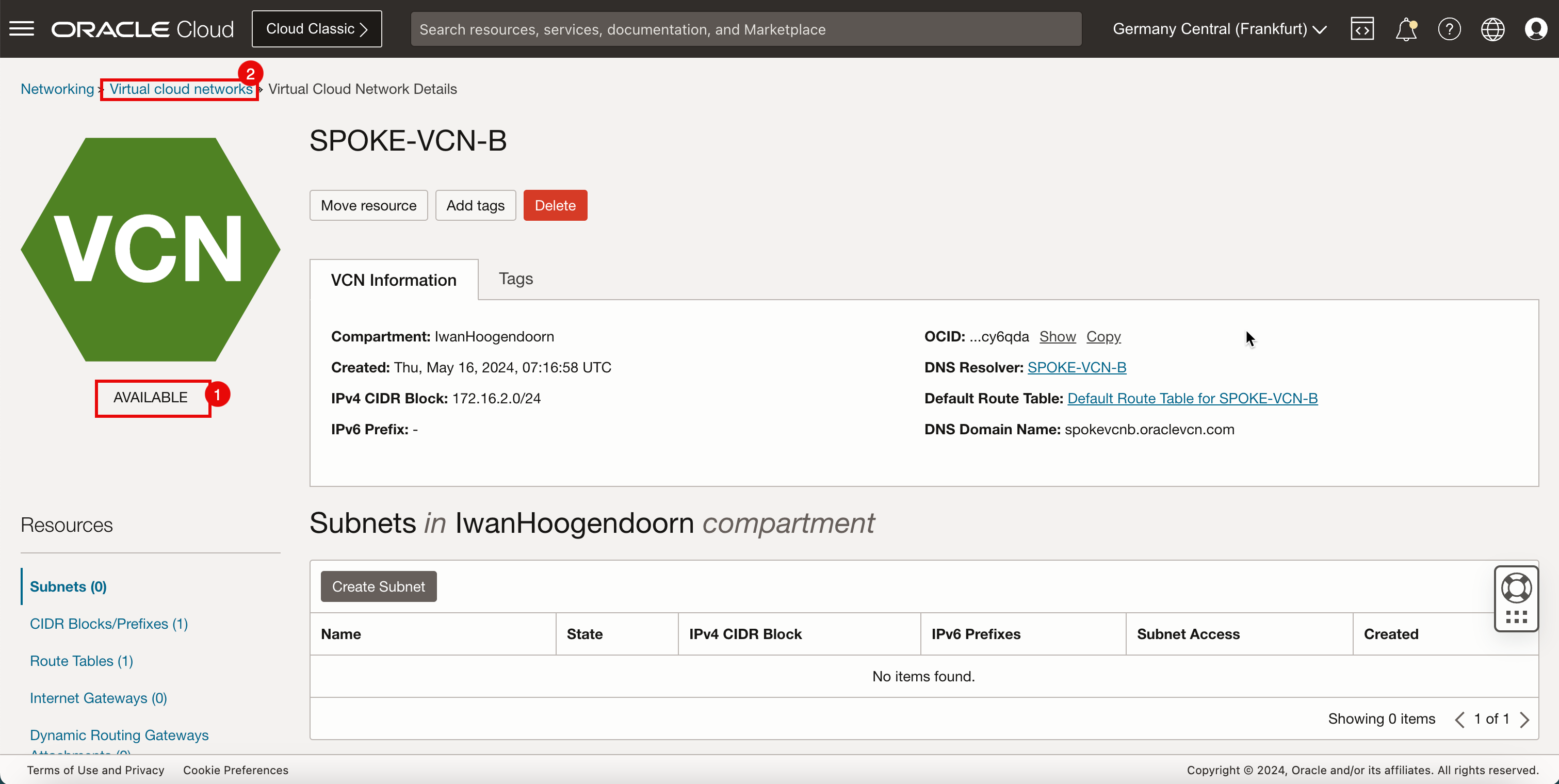

- Fare clic su Crea VCN.

- Si noti che la VCN spoke è DISPONIBILE.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

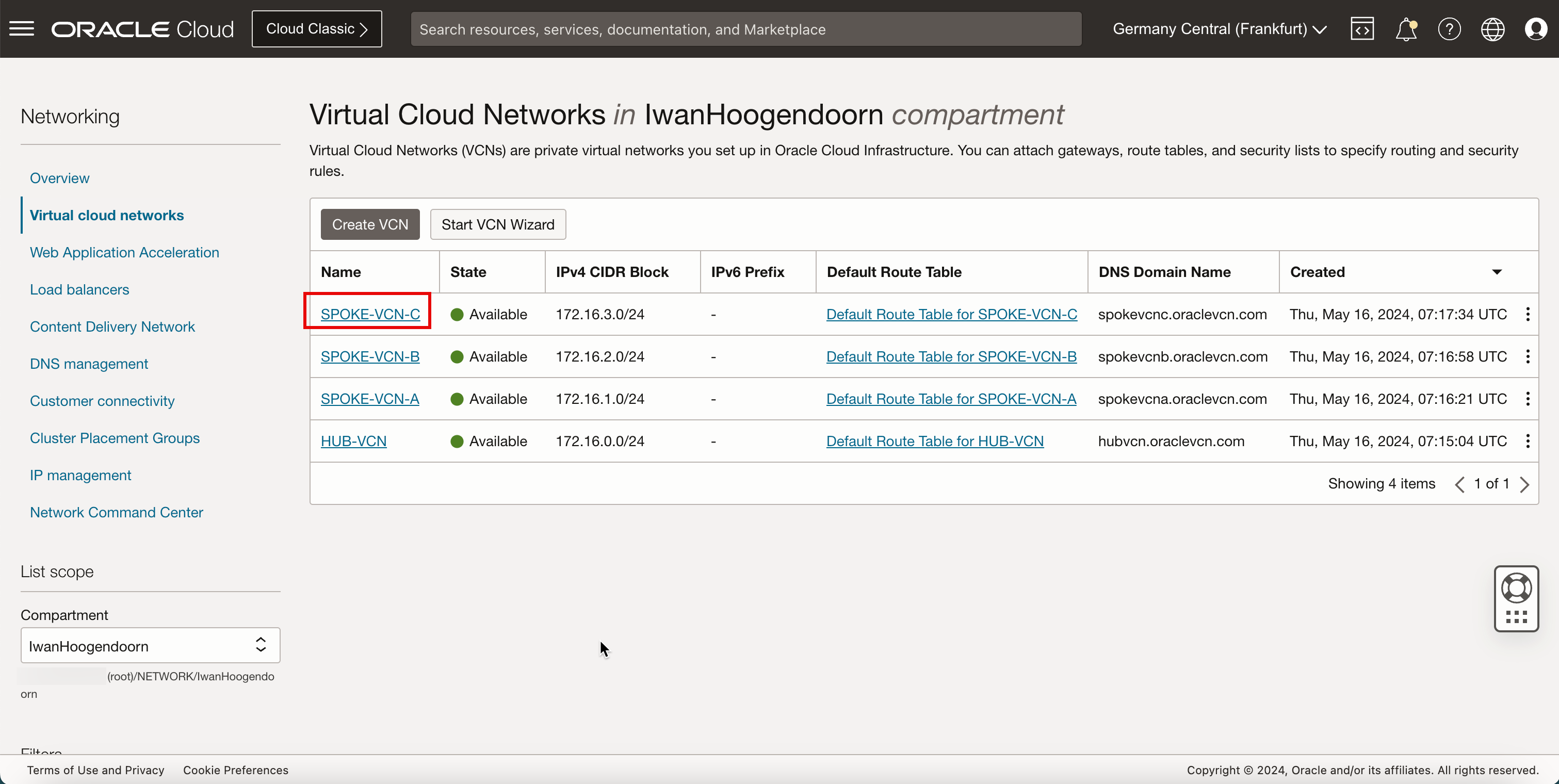

- Fare clic su Crea VCN per creare la terza VCN spoke.

- Immettere il nome per la VCN spoke.

- Immettere un blocco CIDRIPv4 CIDR IPv4 per la VCN hub.

- Fare clic su Crea VCN.

- Si noti che la VCN spoke è DISPONIBILE.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

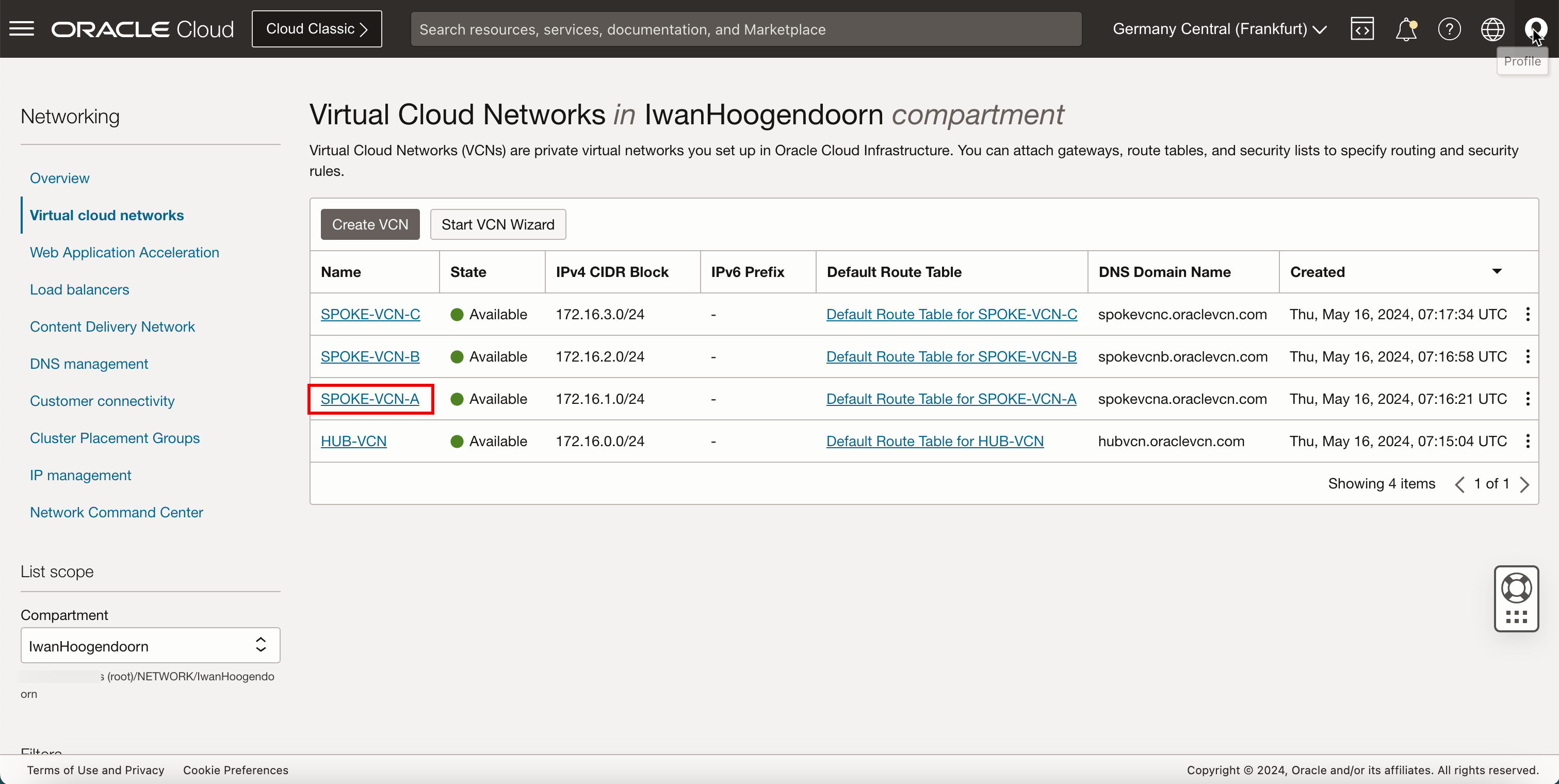

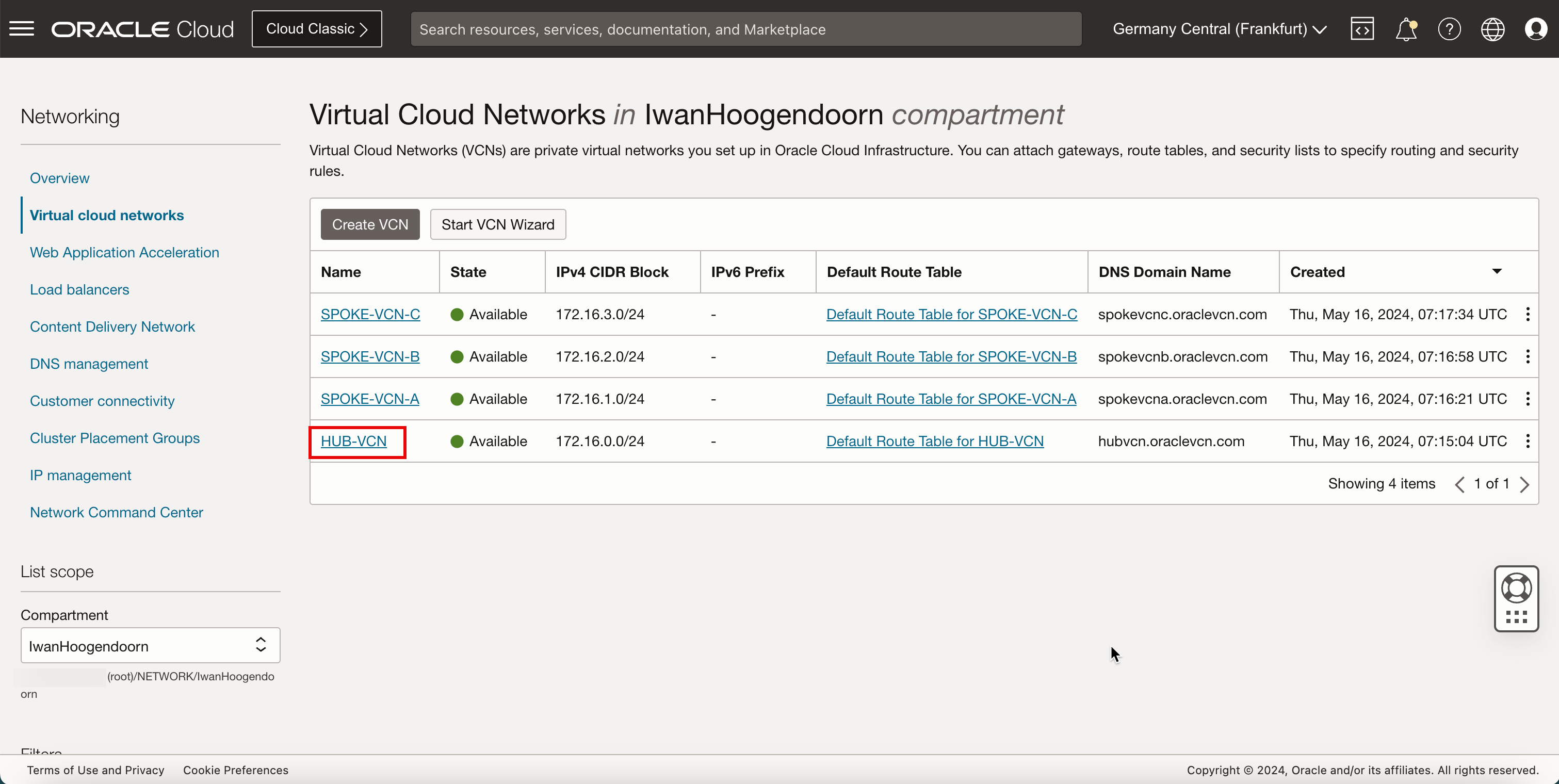

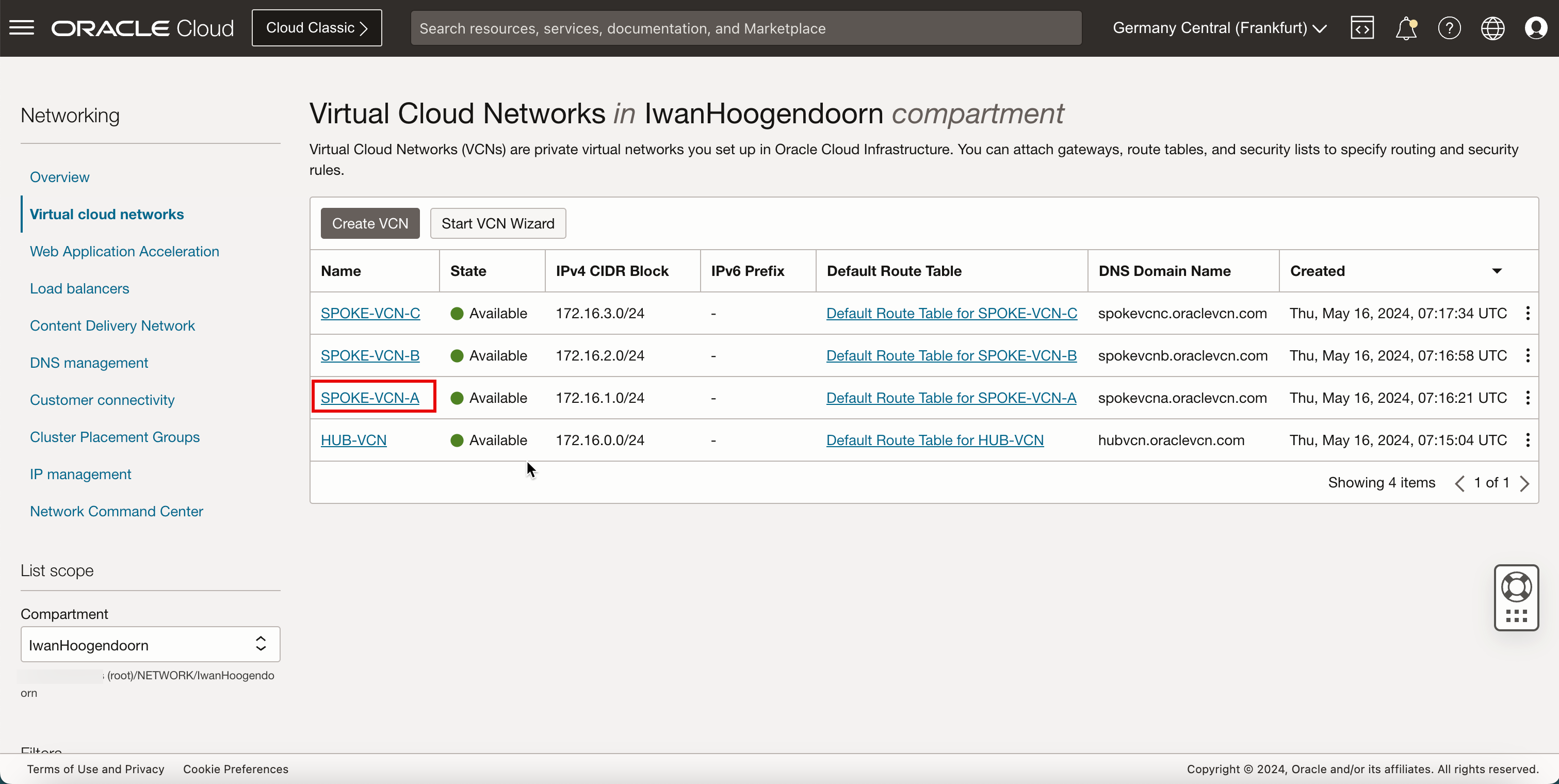

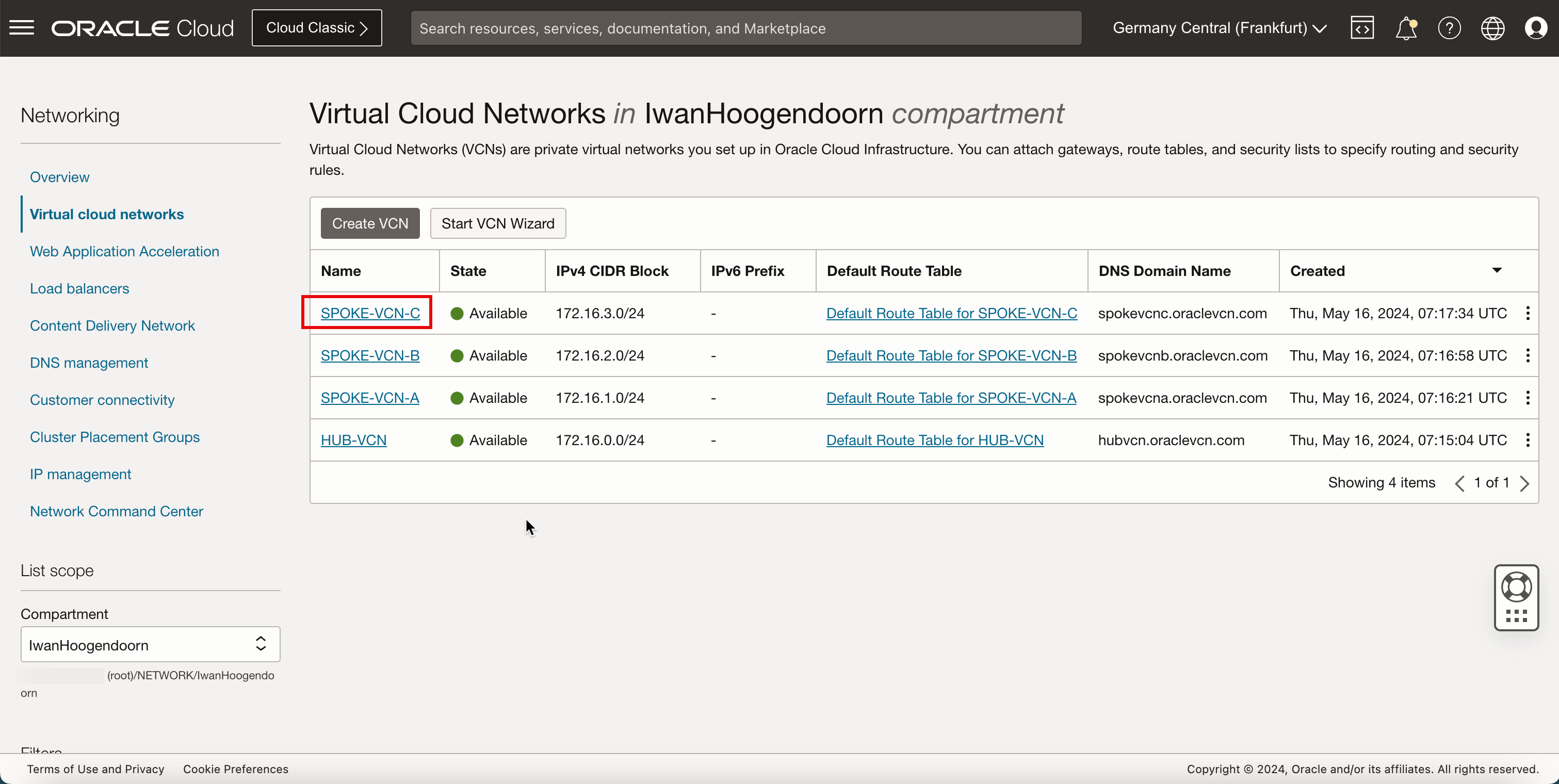

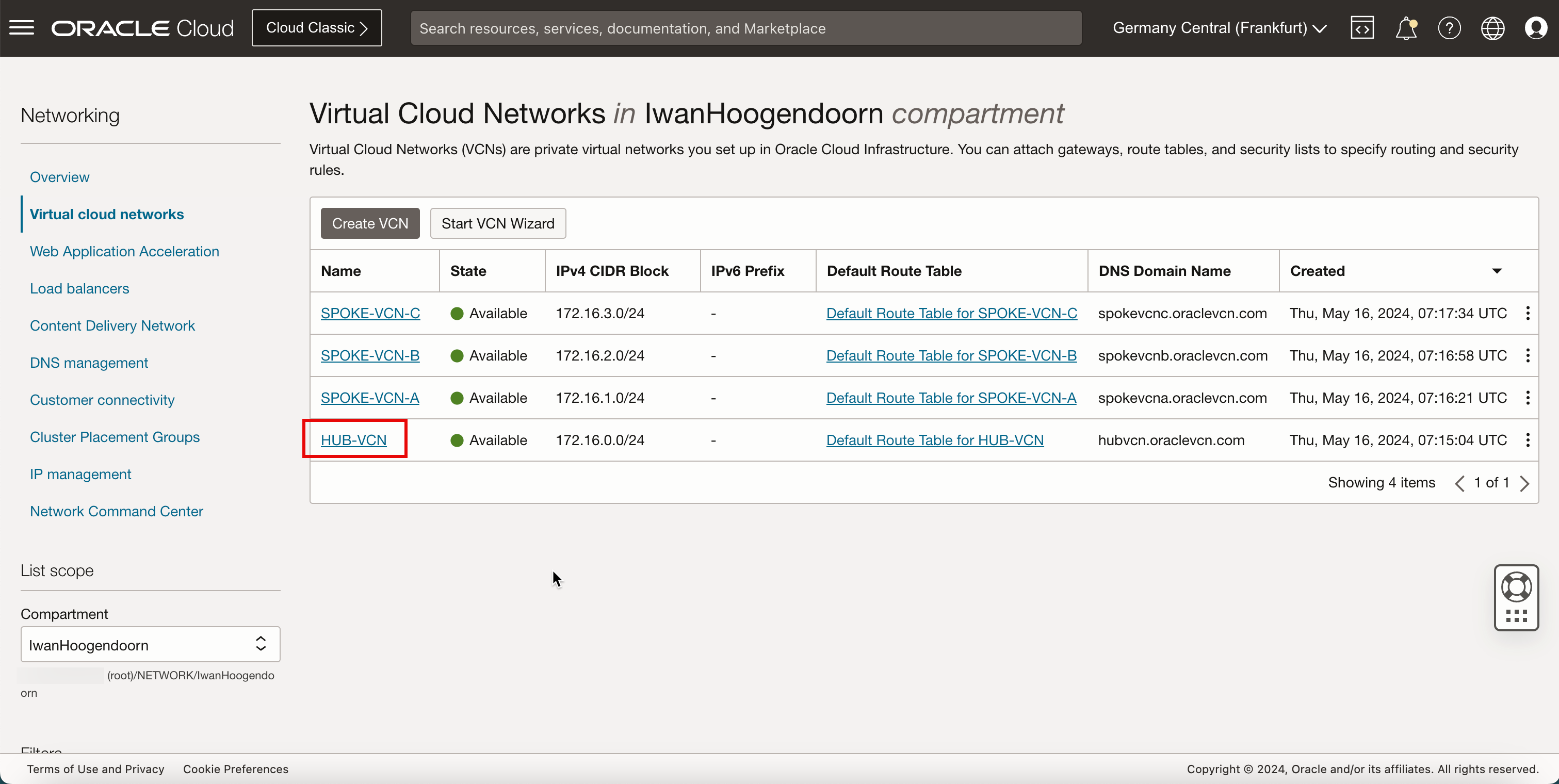

-

Si noti che abbiamo creato 1 hub e VCN a 3 spoke.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

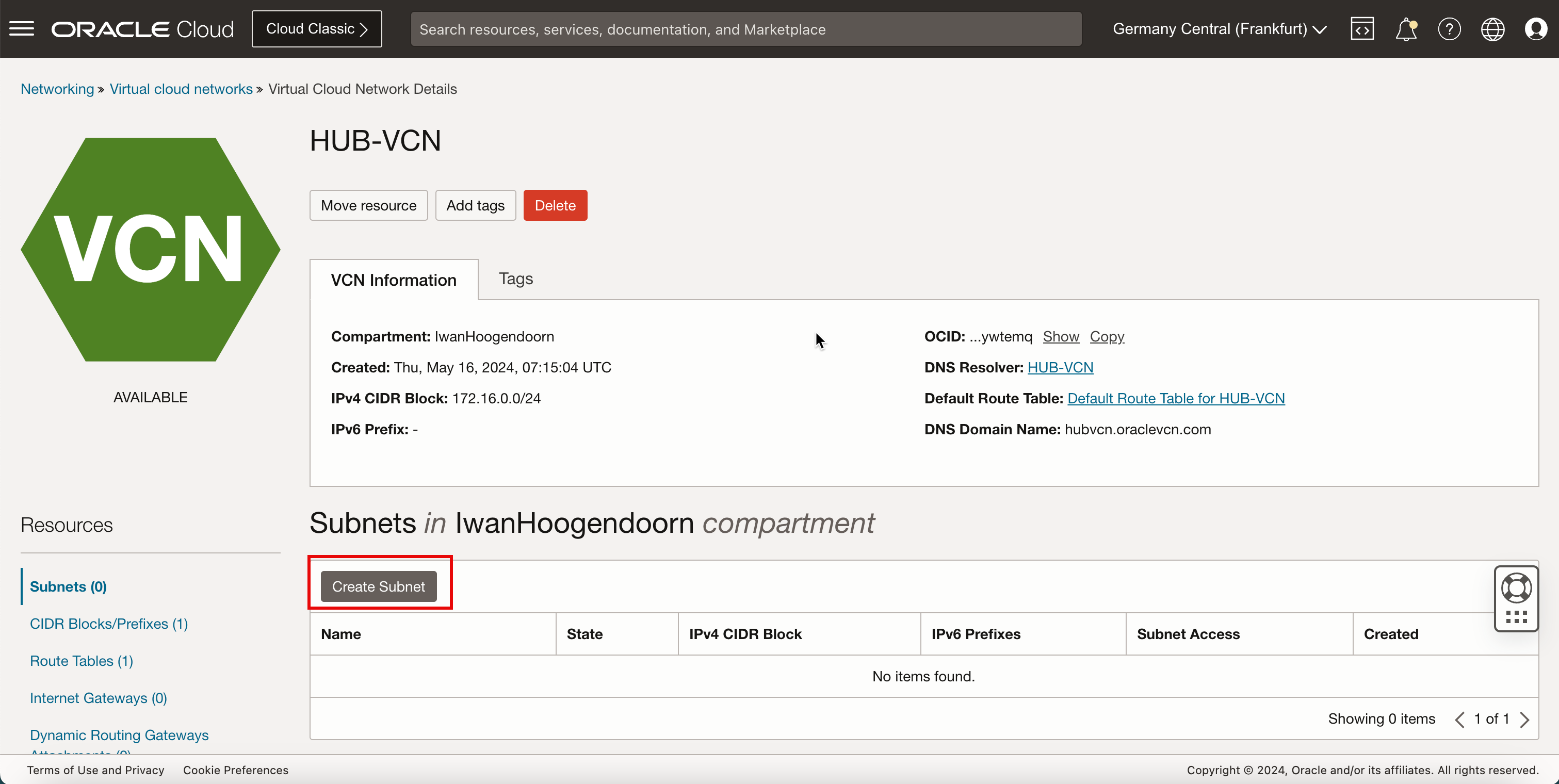

Task 2: Creare le subnet all'interno dell'hub e dei VCN spoke

Abbiamo l'hub e parlato VCNs in atto. Ora, crea subnet all'interno delle VCN.

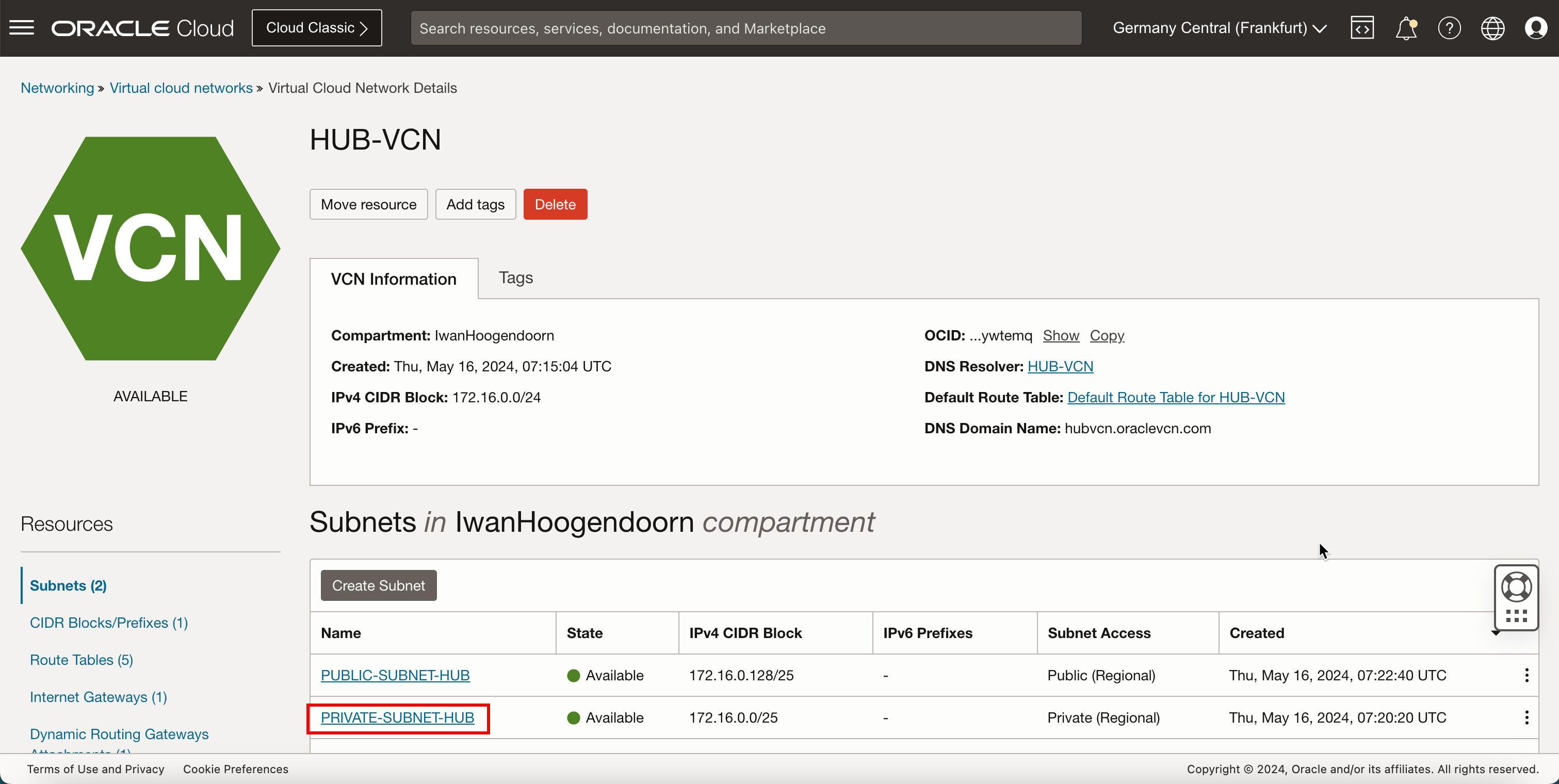

Crea una subnet all'interno della VCN hub

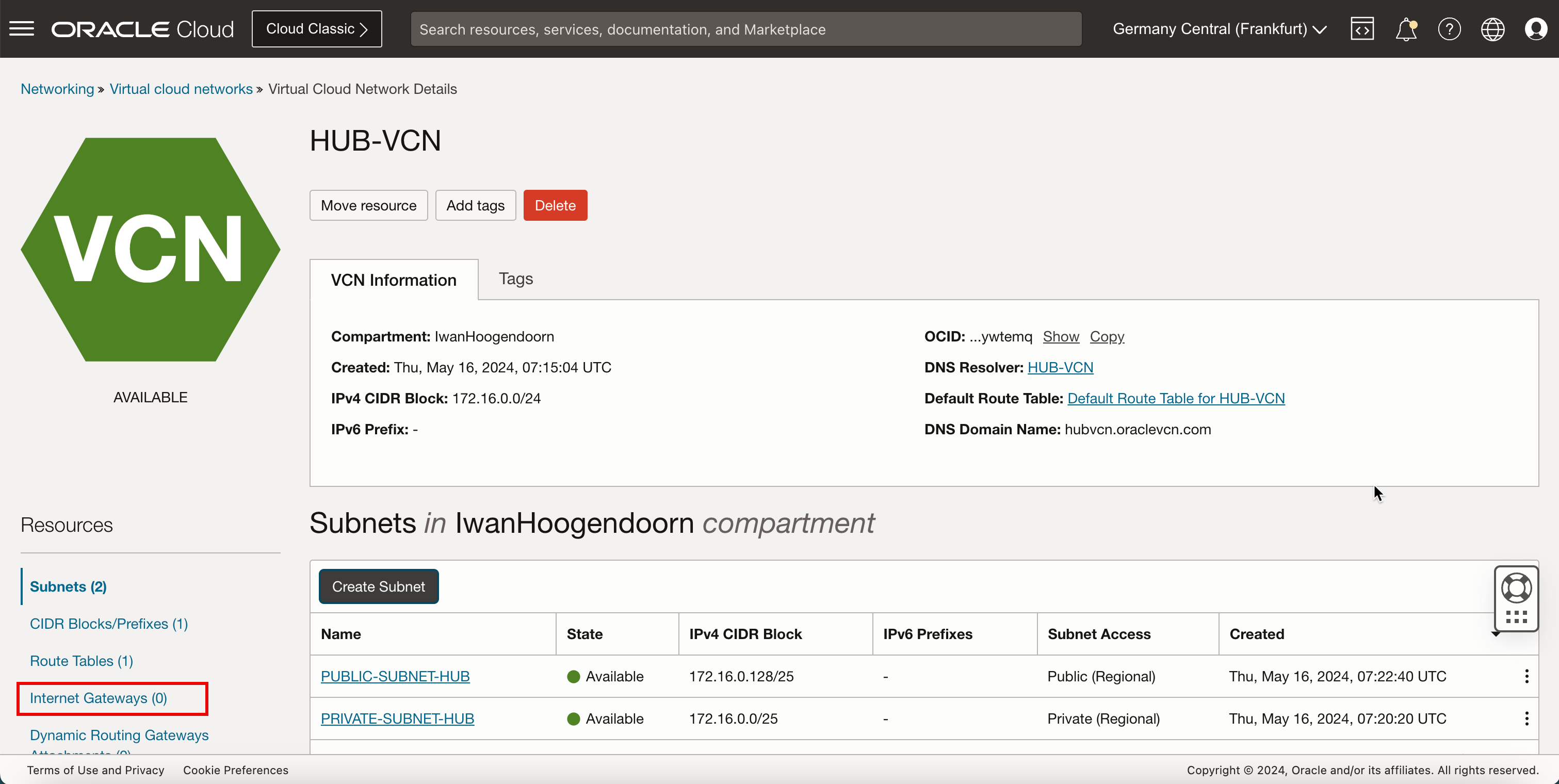

Nella VCN hub verranno create 1 subnet privata e 1 subnet pubblica.

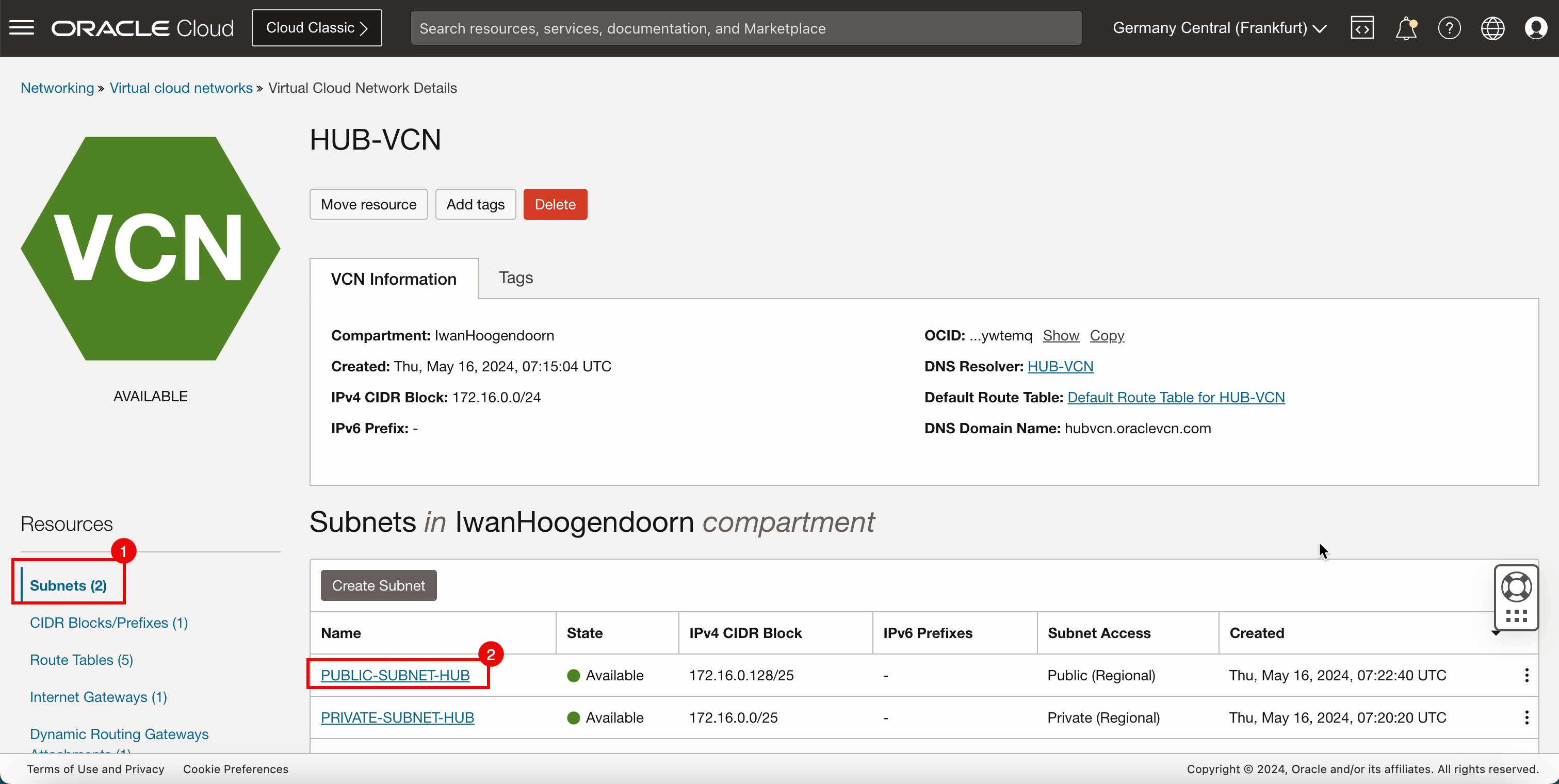

-

Fare clic sulla VCN hub.

-

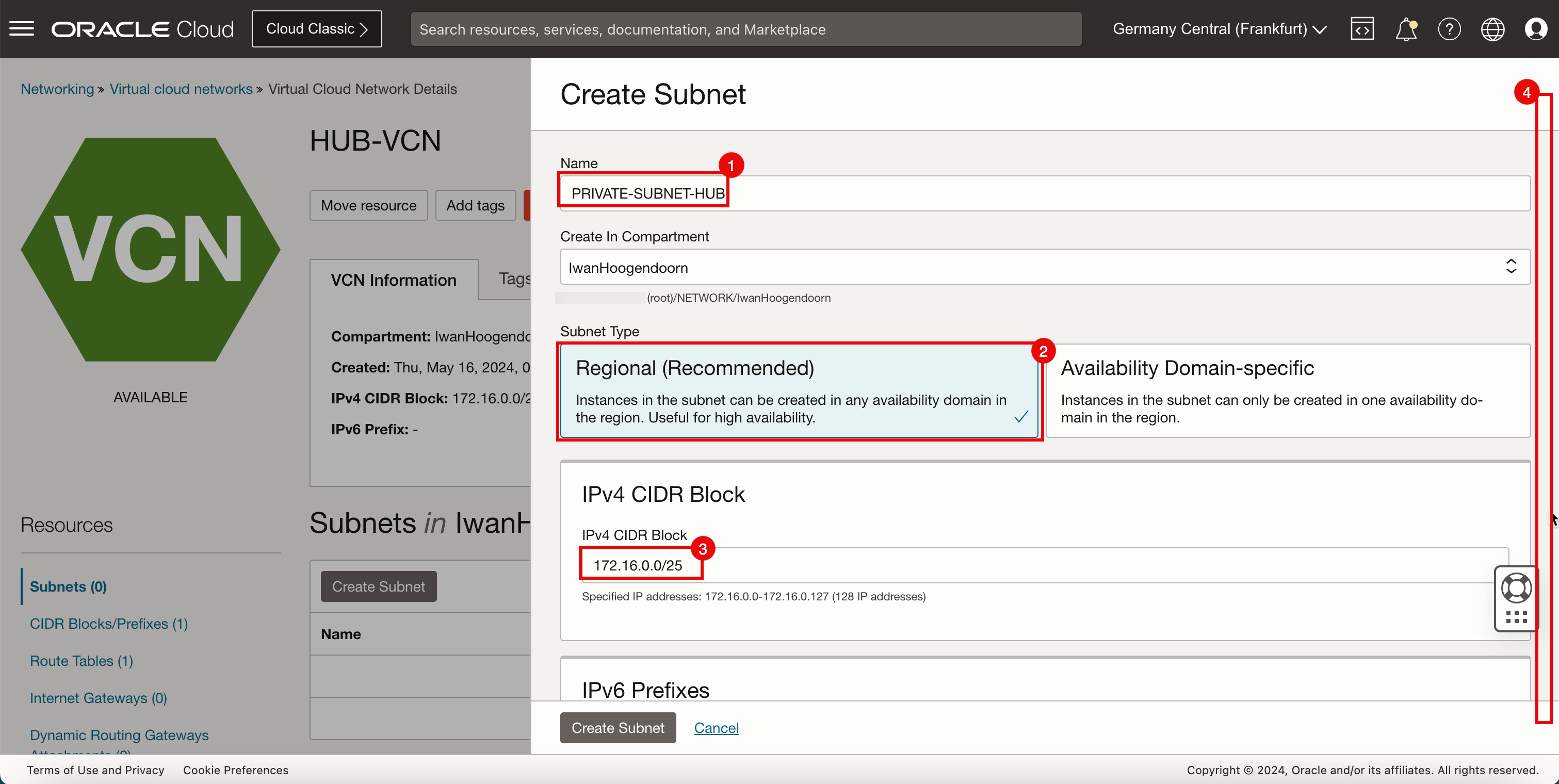

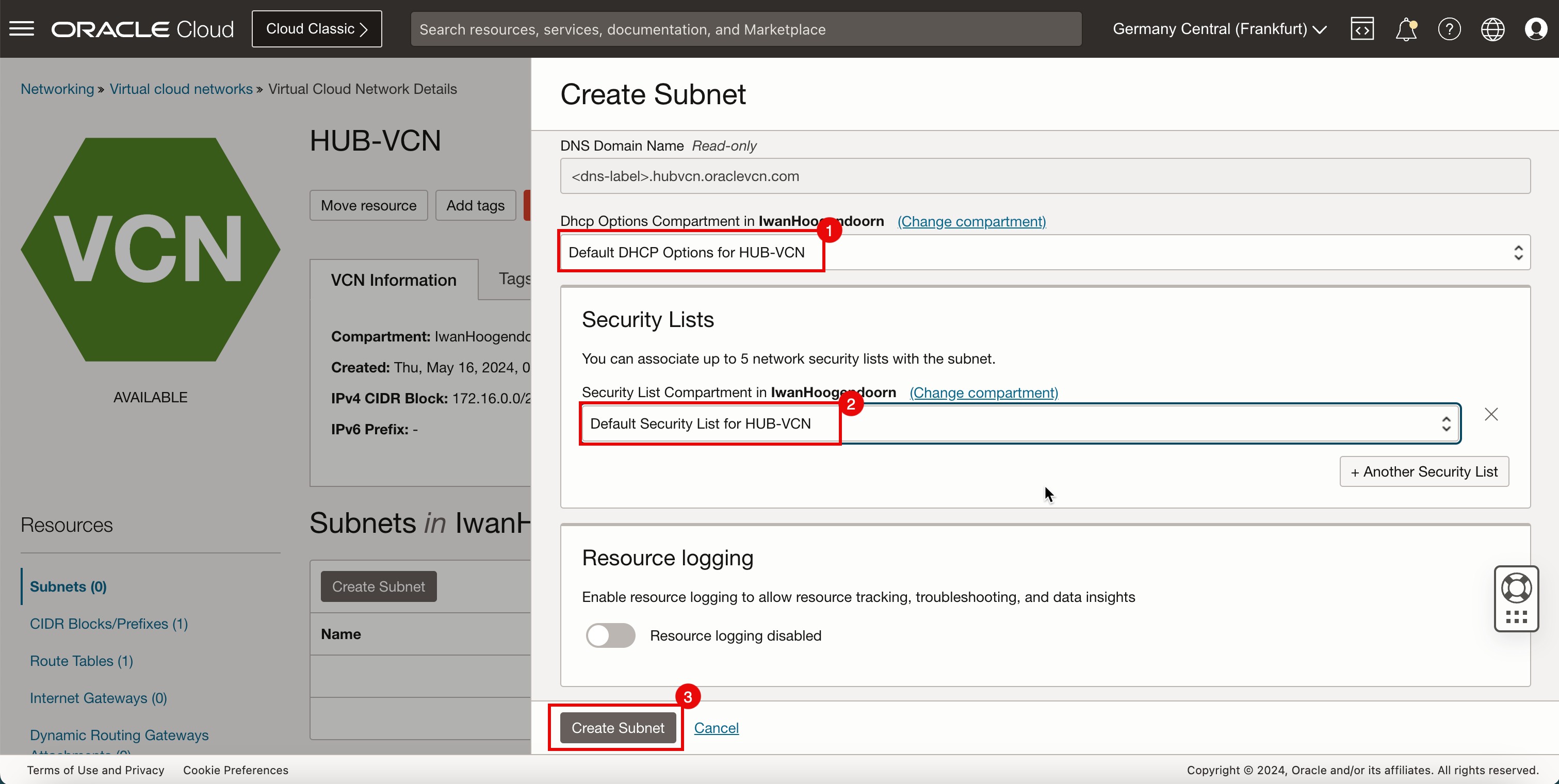

Fare clic su Crea subnet per creare la prima subnet (privata).

- Immettere il nome per la subnet privata.

- In Tipo di subnet selezionare Regionale.

- Immettere il blocco CIDRIPv4 CIDR IPv4 per la subnet privata.

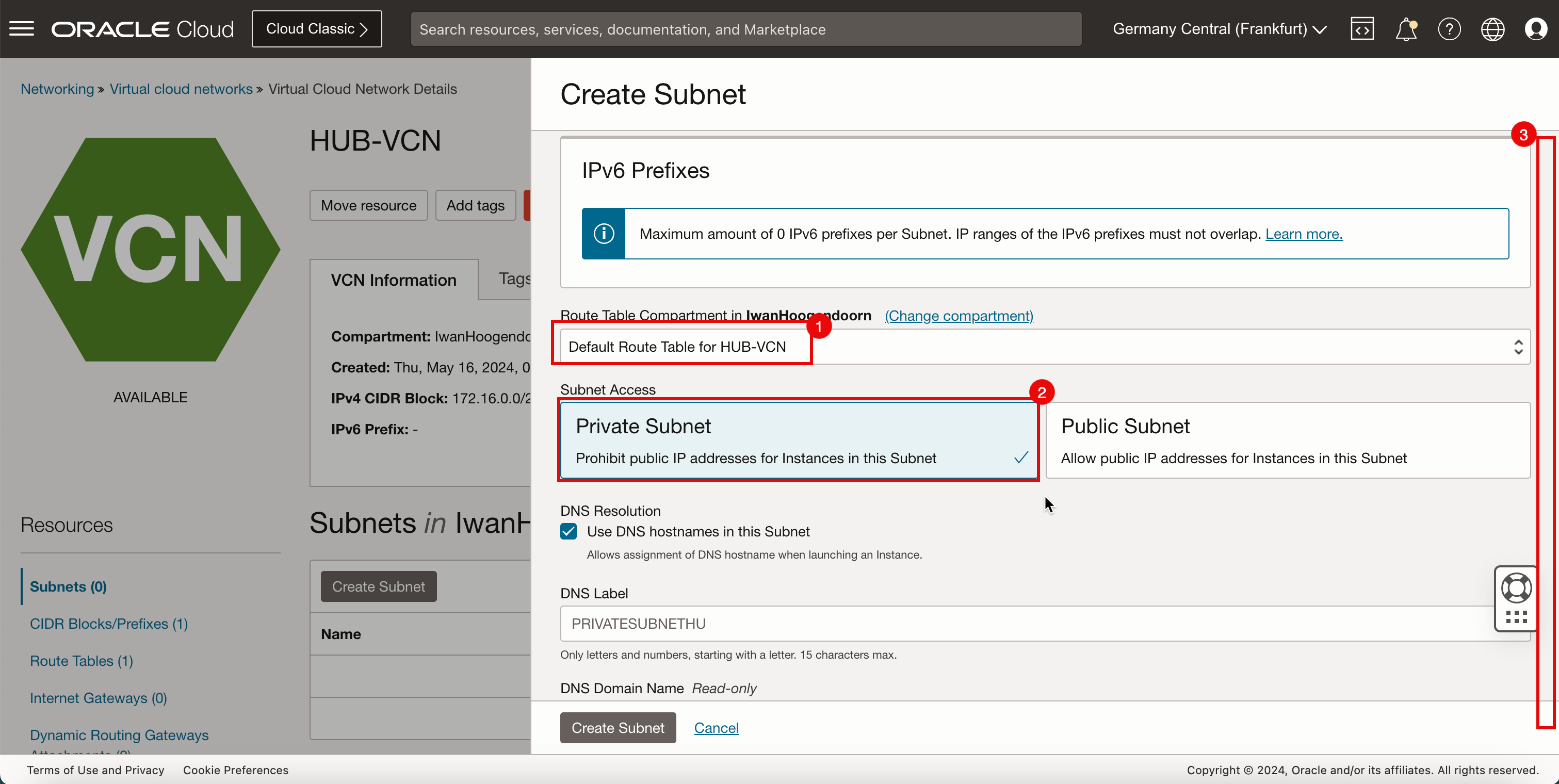

- scorrere in Basso.

- In Route Table selezionare la tabella di instradamento predefinita.

- In Accesso alla subnet, selezionare una subnet privata.

- scorrere in Basso.

- Nella sezione opzioni DHCP, selezionare le opzioni DHCP predefinite.

- In Elenco sicurezza, selezionare la lista di sicurezza predefinita.

- Fare clic su Crea subnet.

-

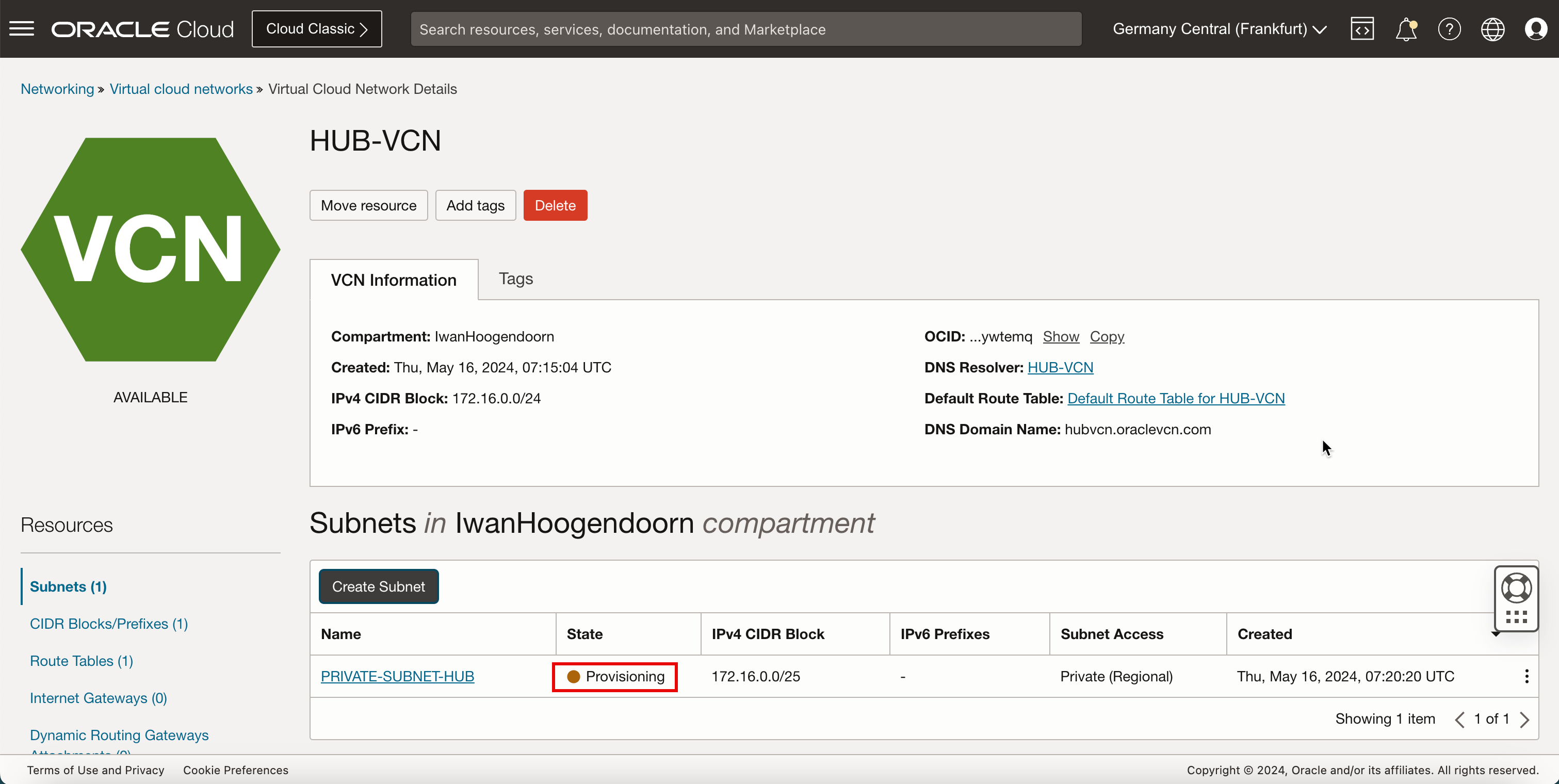

Si noti che lo stato è impostato su Provisioning.

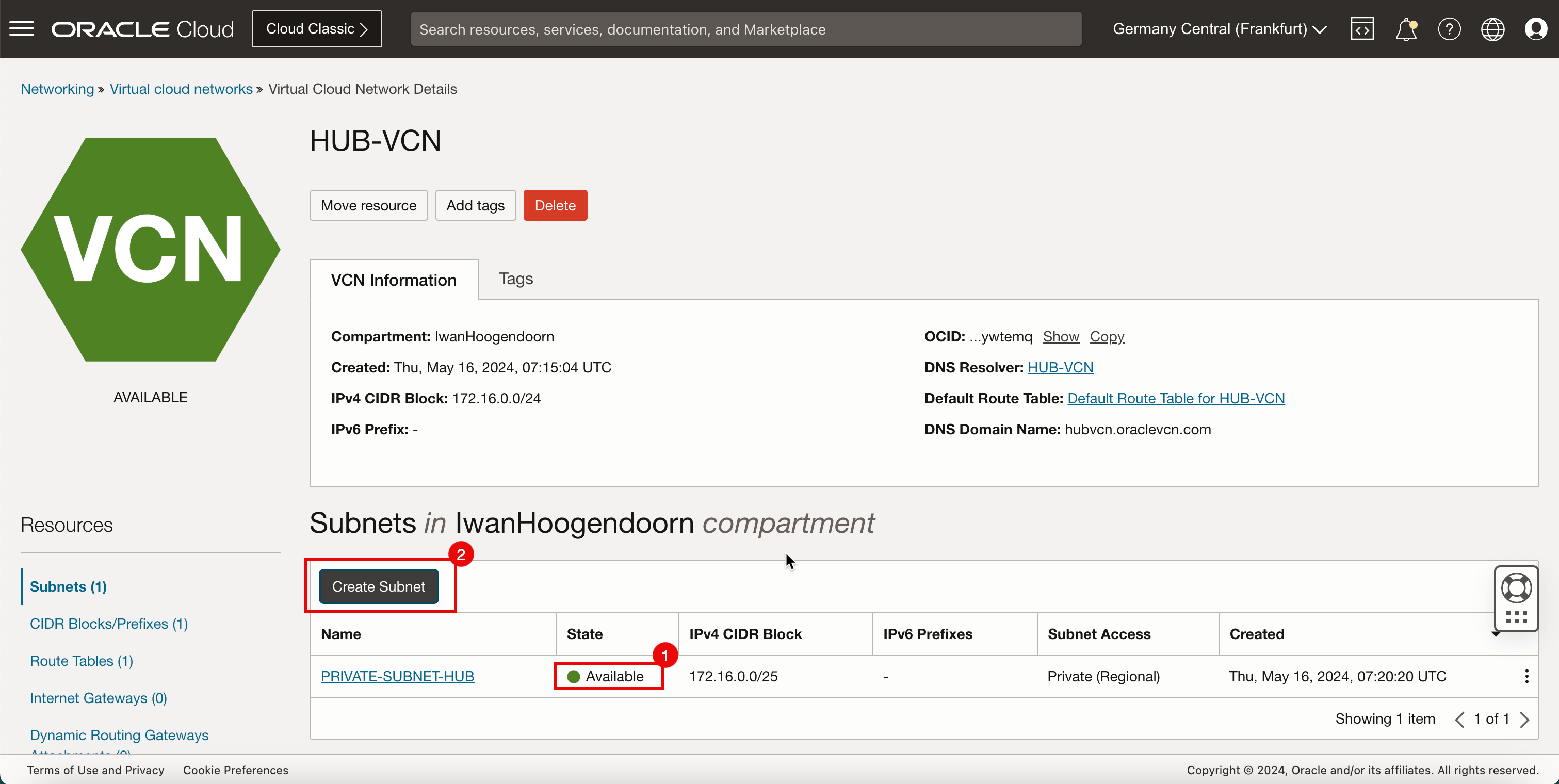

- Dopo alcuni minuti, lo stato viene modificato in Disponibile.

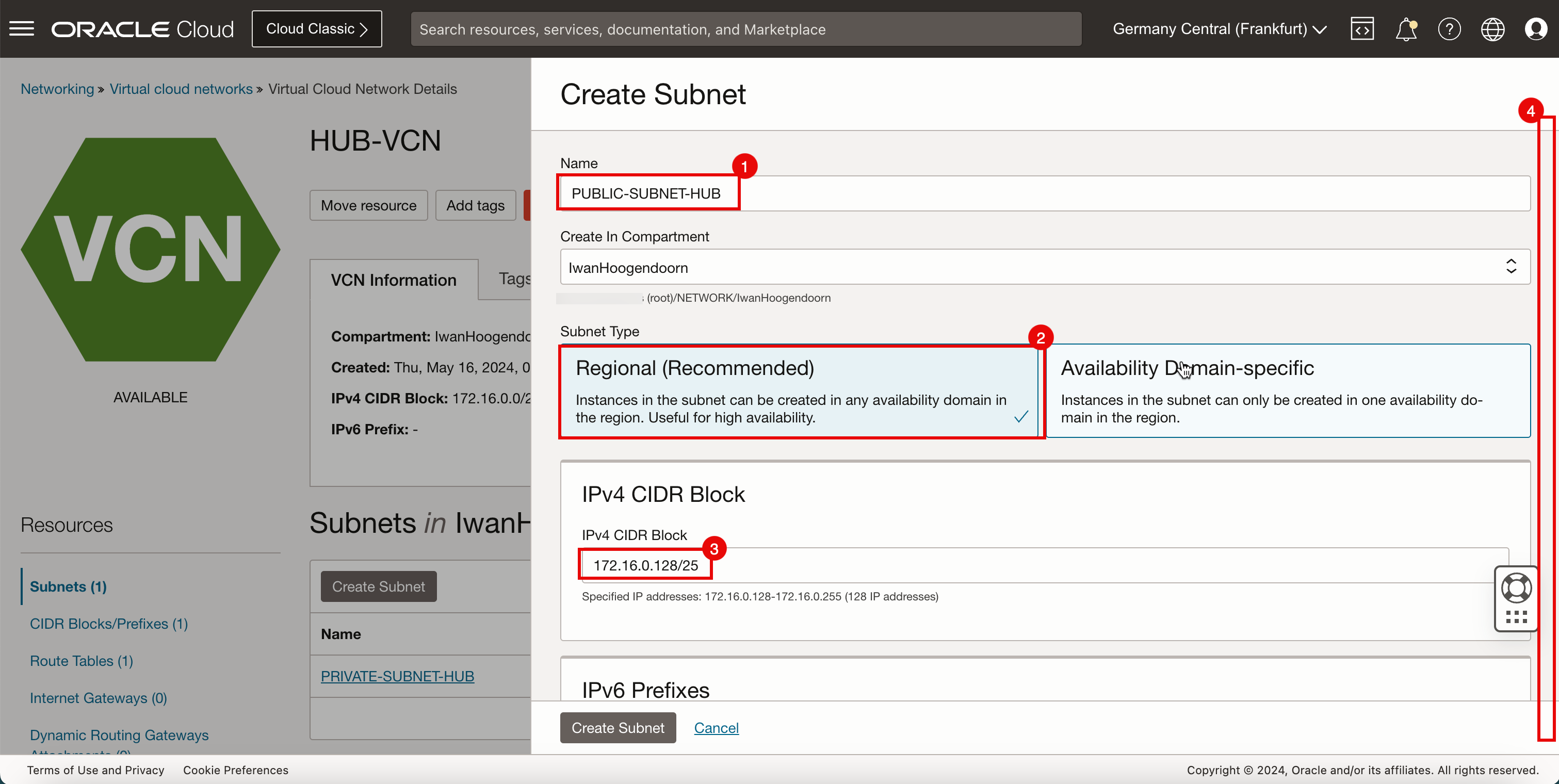

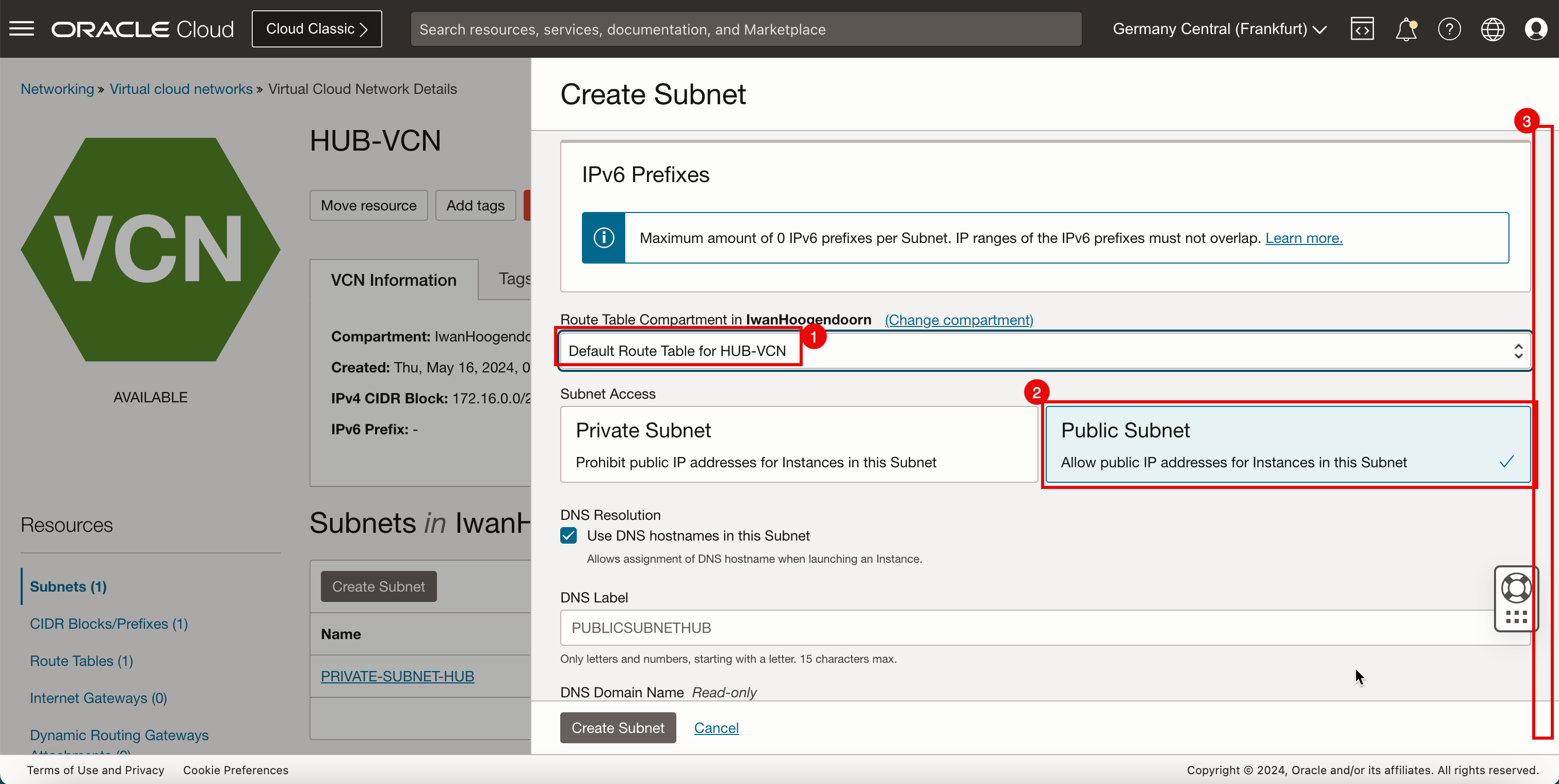

- Fare clic su Crea subnet per creare la seconda subnet (pubblica).

- Immettere il nome per la subnet privata.

- In Tipo di subnet selezionare Regionale.

- Immettere il blocco CIDRIPv4 CIDR IPv4 per la subnet pubblica.

- scorrere in Basso.

- In Route Table selezionare la tabella di instradamento predefinita.

- In Accesso alla subnet, selezionare una subnet pubblica.

- scorrere in Basso.

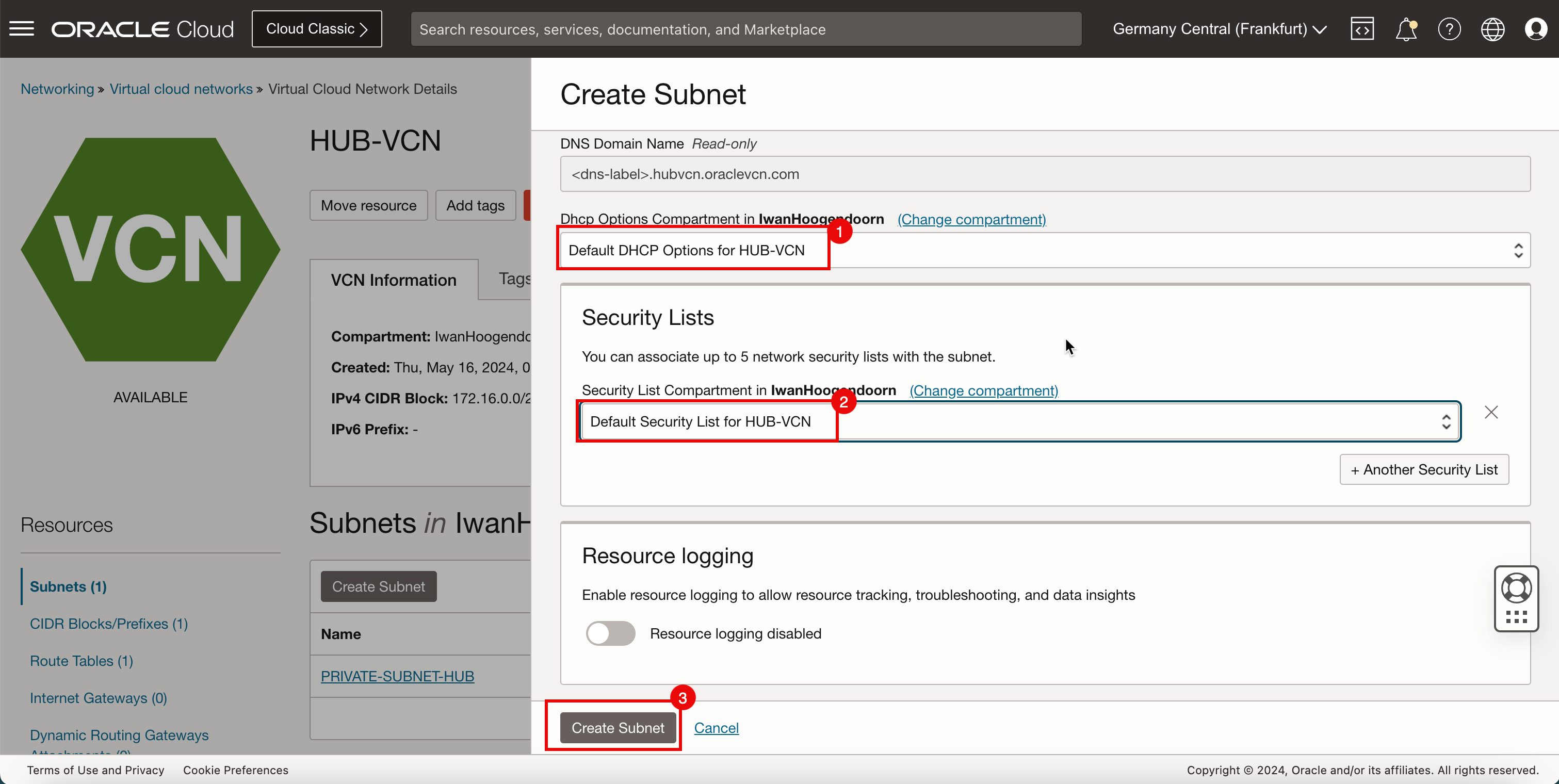

- Nella sezione opzioni DHCP, selezionare le opzioni DHCP predefinite.

- In Elenco sicurezza, selezionare la lista di sicurezza predefinita.

- Fare clic su Crea subnet.

-

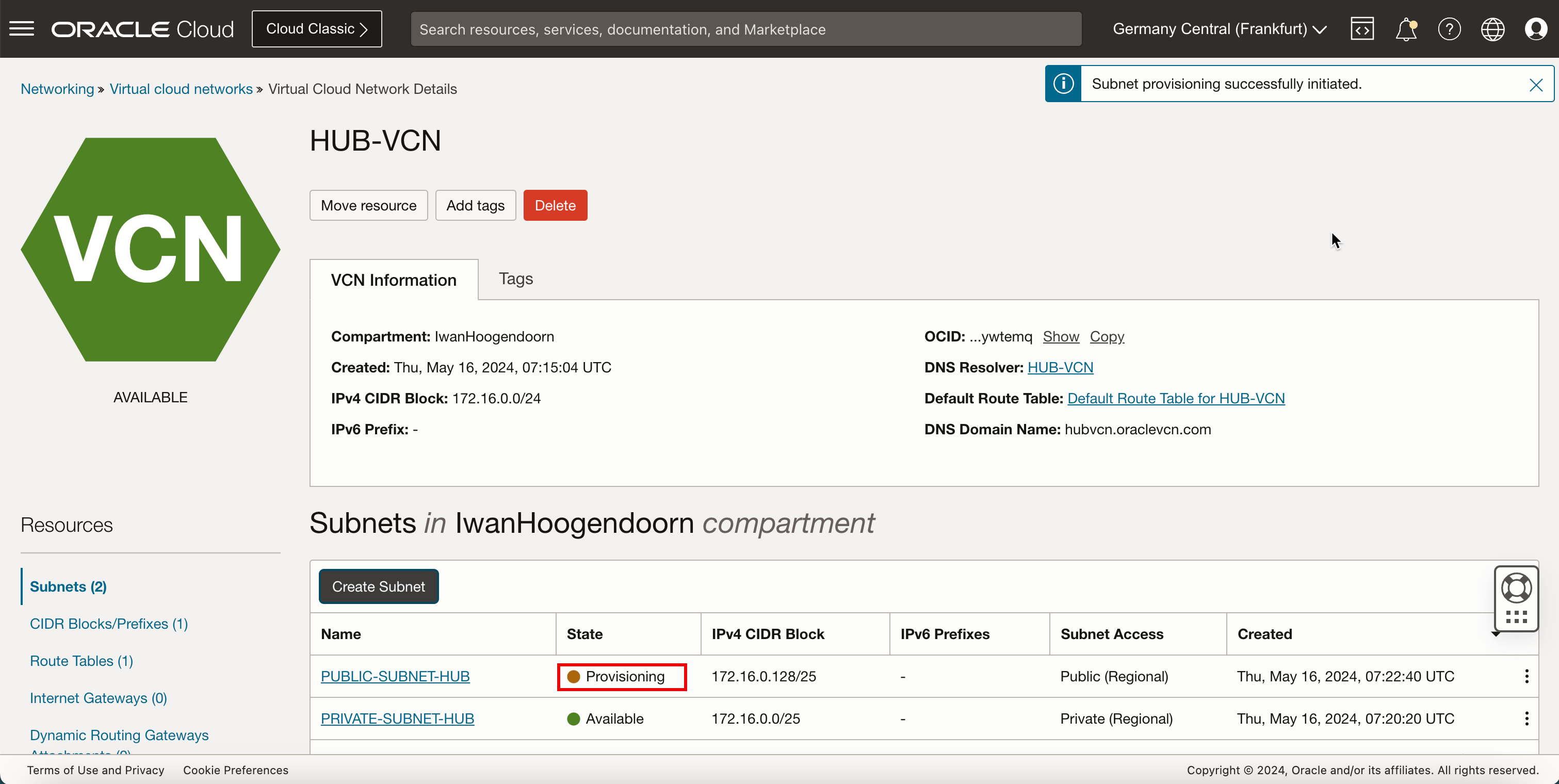

Si noti che lo stato è impostato su Provisioning.

-

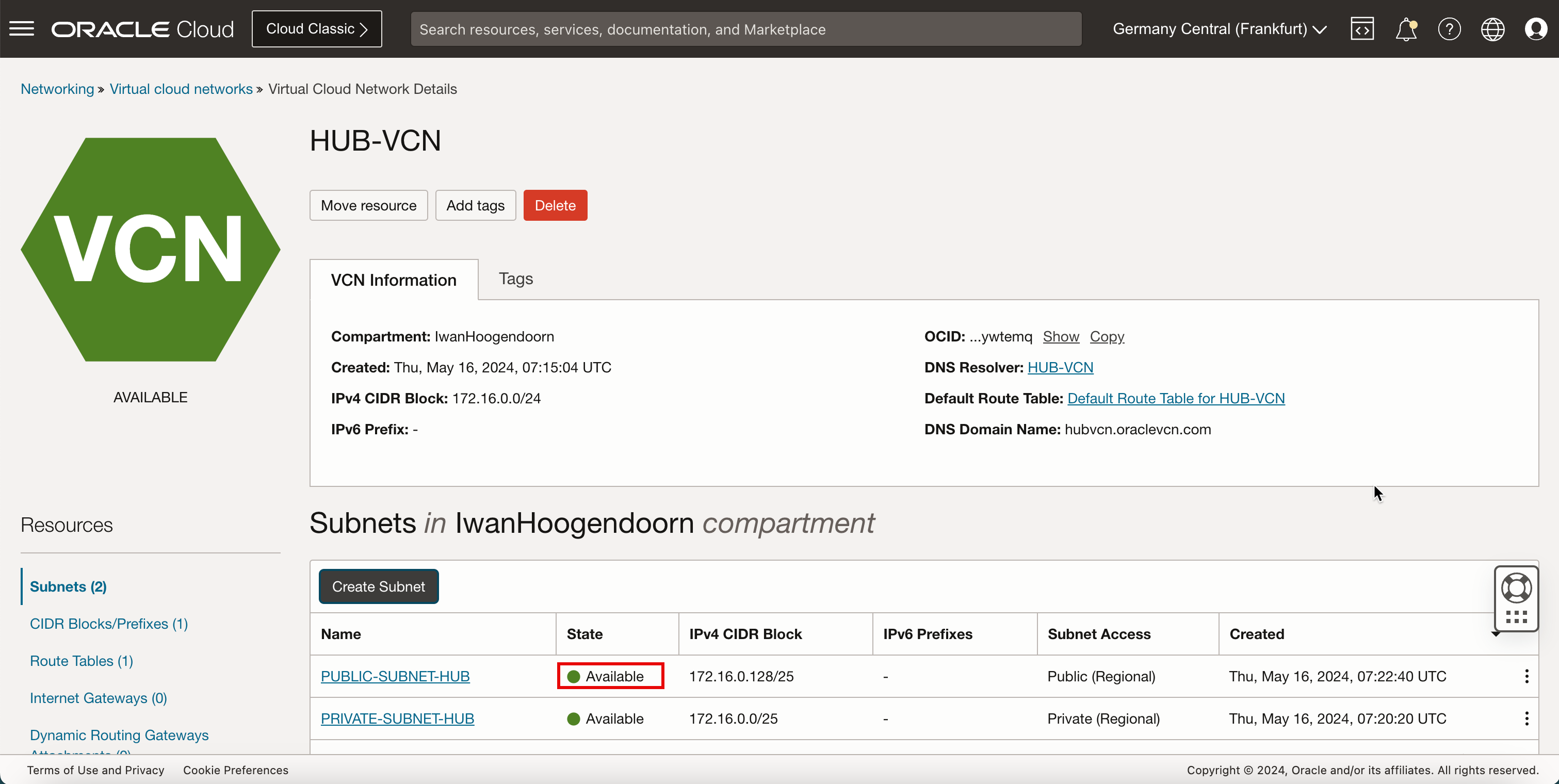

Dopo alcuni minuti, lo stato viene modificato in Disponibile.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

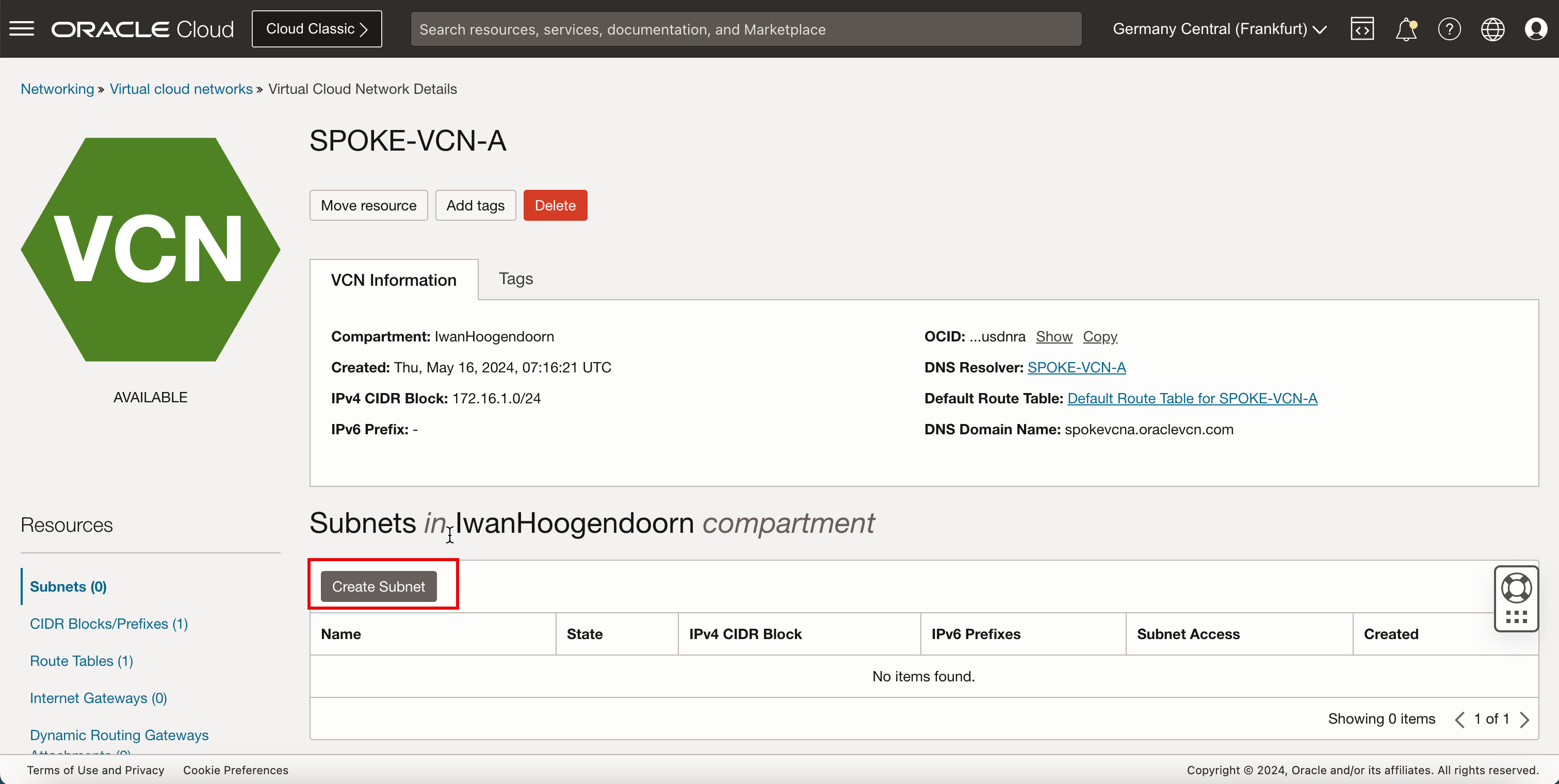

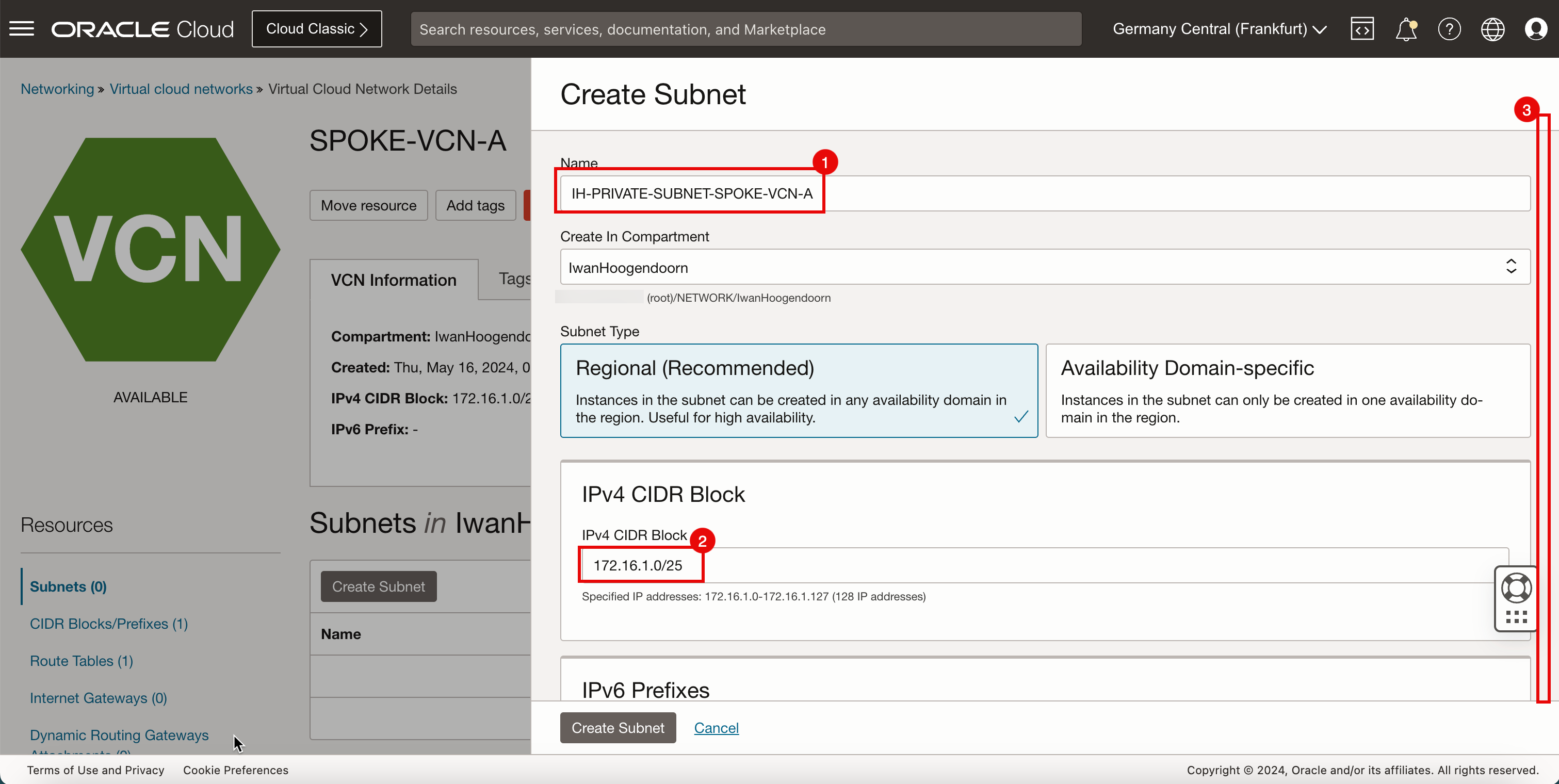

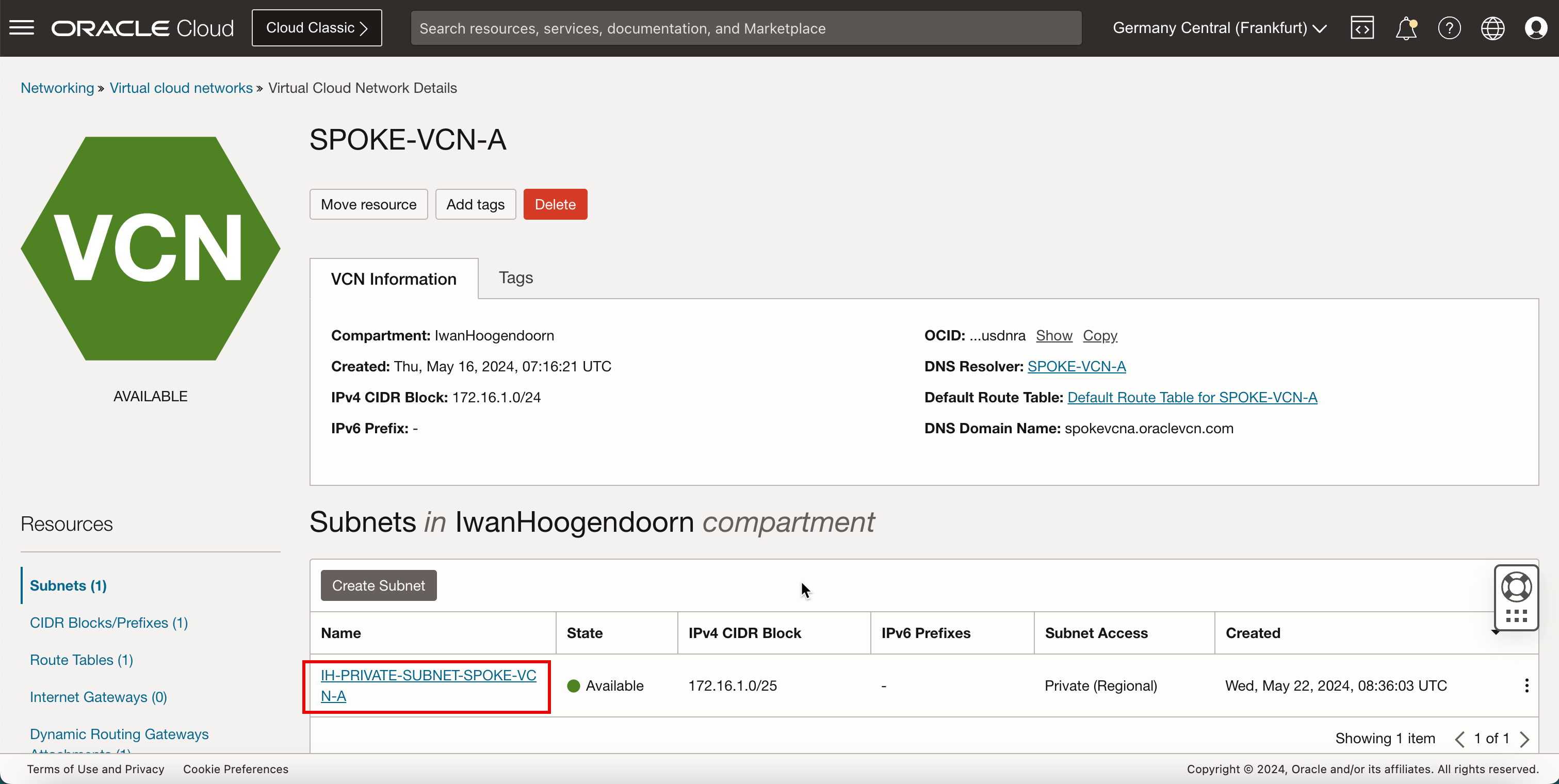

Creare una subnet nella VCN spoke A

Crea una subnet privata all'interno della VCN A spoke.

-

Fare clic sulla VCN A spoke.

-

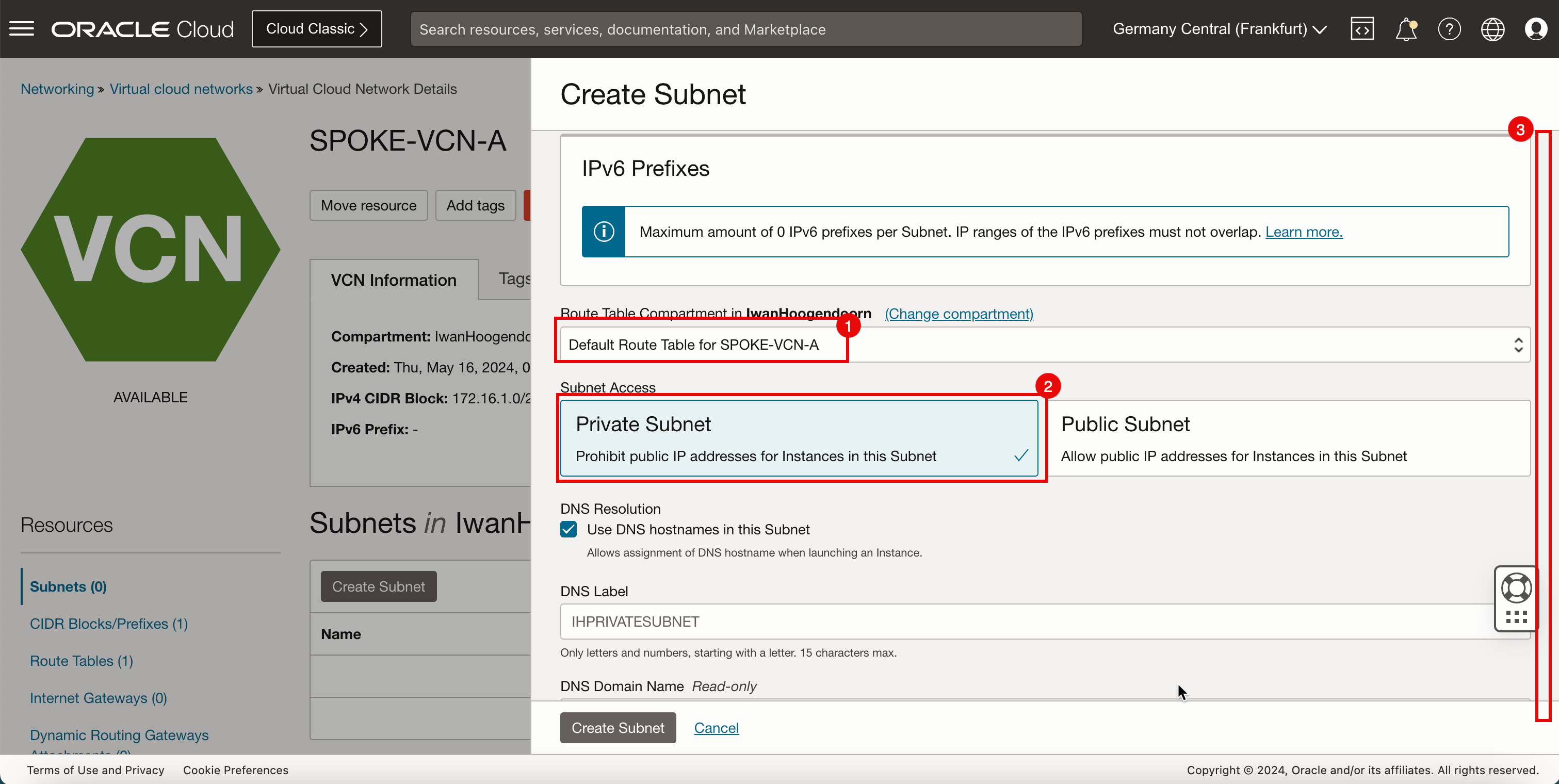

Fare clic su Crea subnet per creare la subnet (privata).

- Immettere il nome per la subnet privata.

- Immettere il blocco CIDRIPv4 CIDR IPv4 per la subnet privata.

- scorrere in Basso.

- In Route Table selezionare la tabella di instradamento predefinita.

- In Accesso alla subnet, selezionare una subnet privata.

- scorrere in Basso.

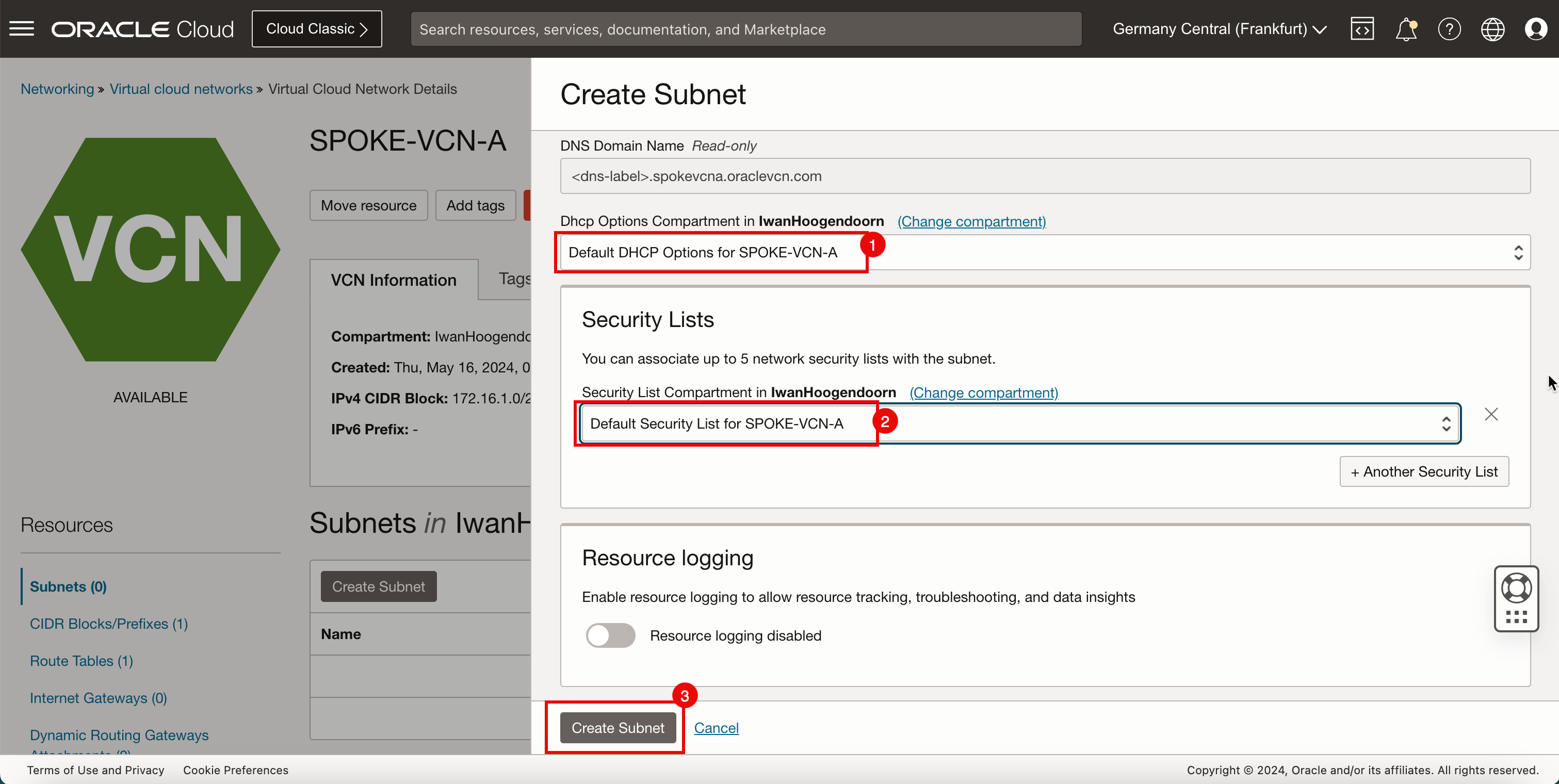

- Nella sezione opzioni DHCP, selezionare le opzioni DHCP predefinite.

- In Elenco sicurezza, selezionare la lista di sicurezza predefinita.

- Fare clic su Crea subnet.

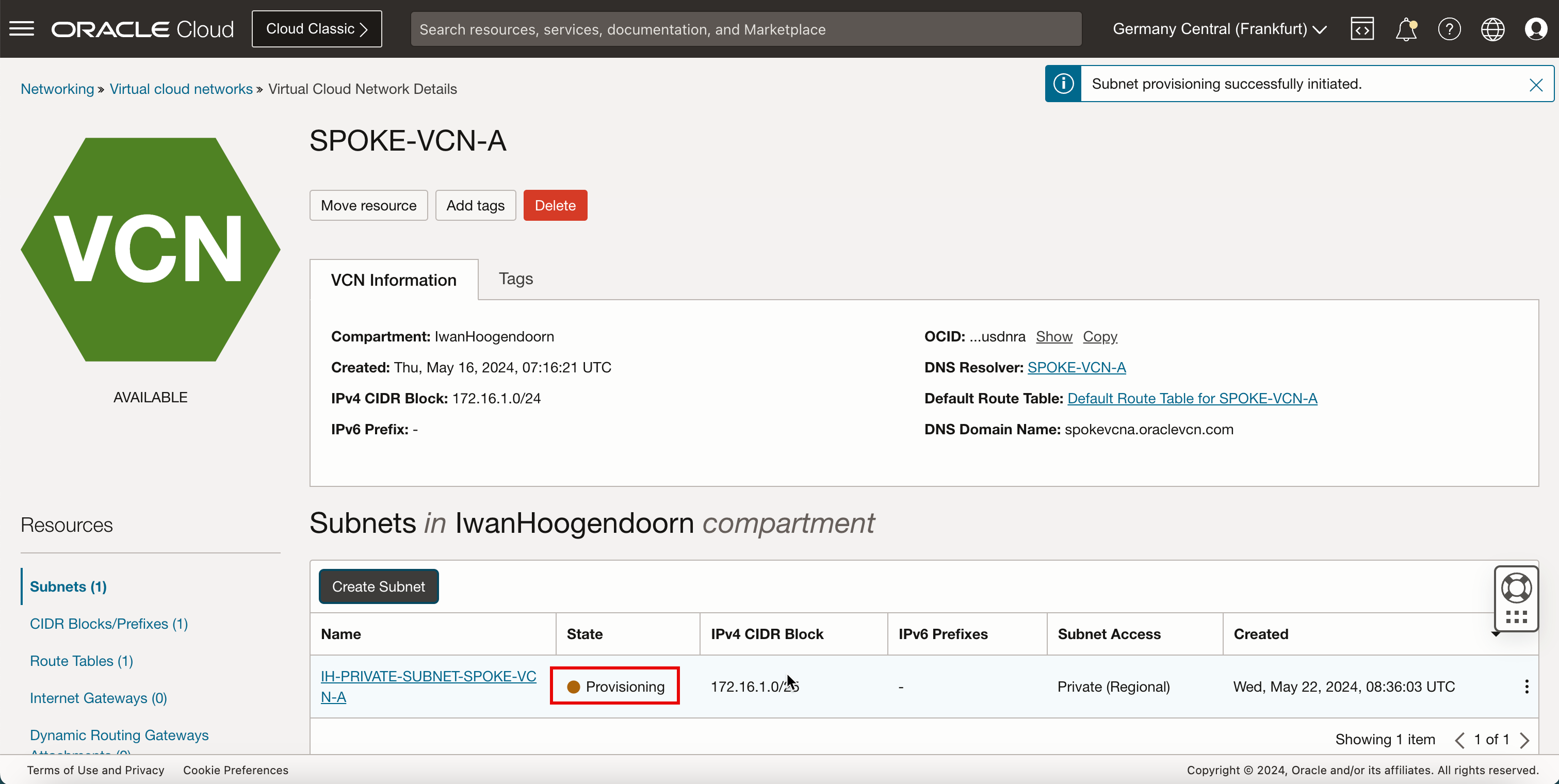

-

Si noti che lo stato è impostato su Provisioning.

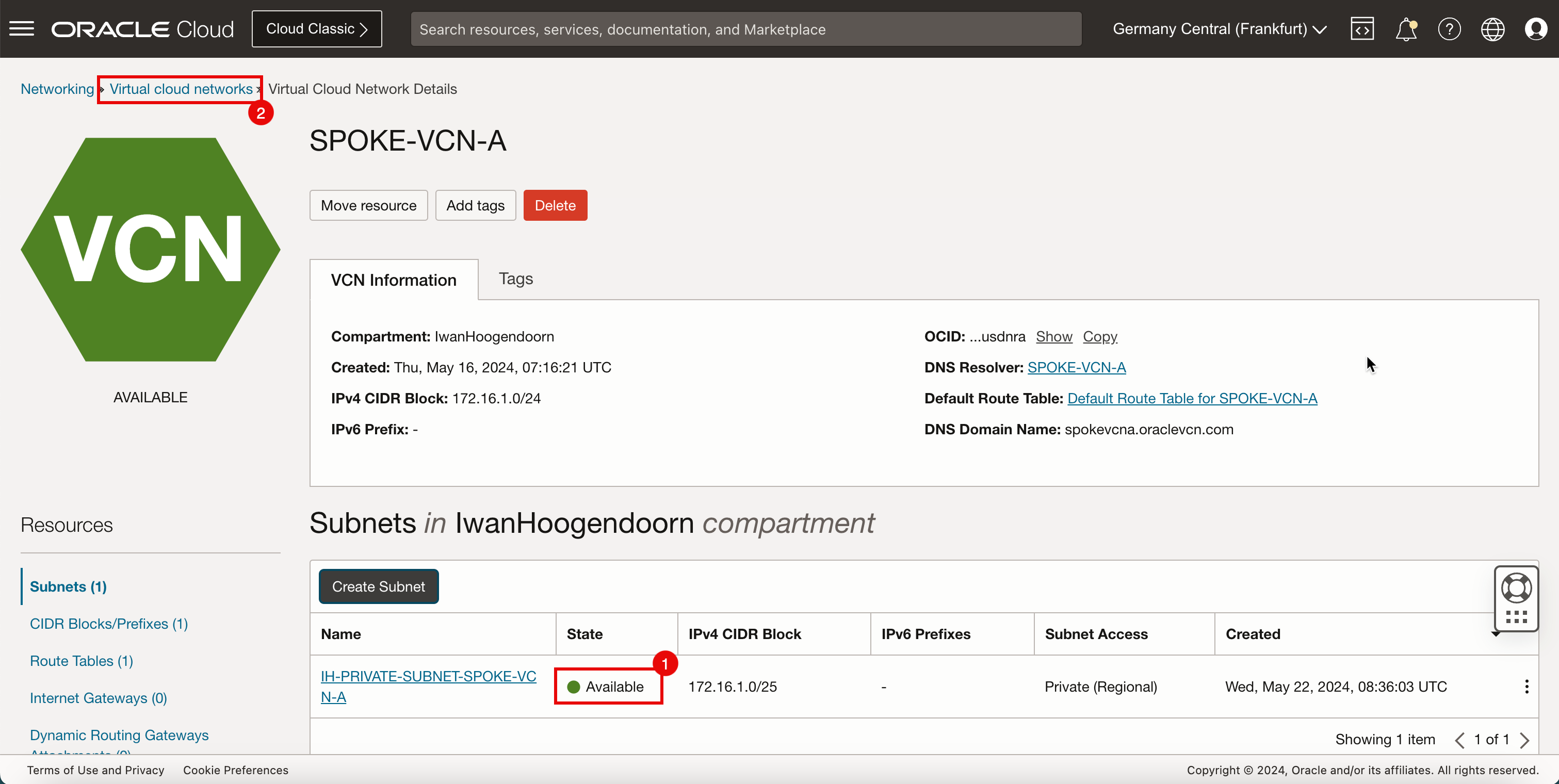

- Si noti che lo stato viene modificato in Disponibile.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

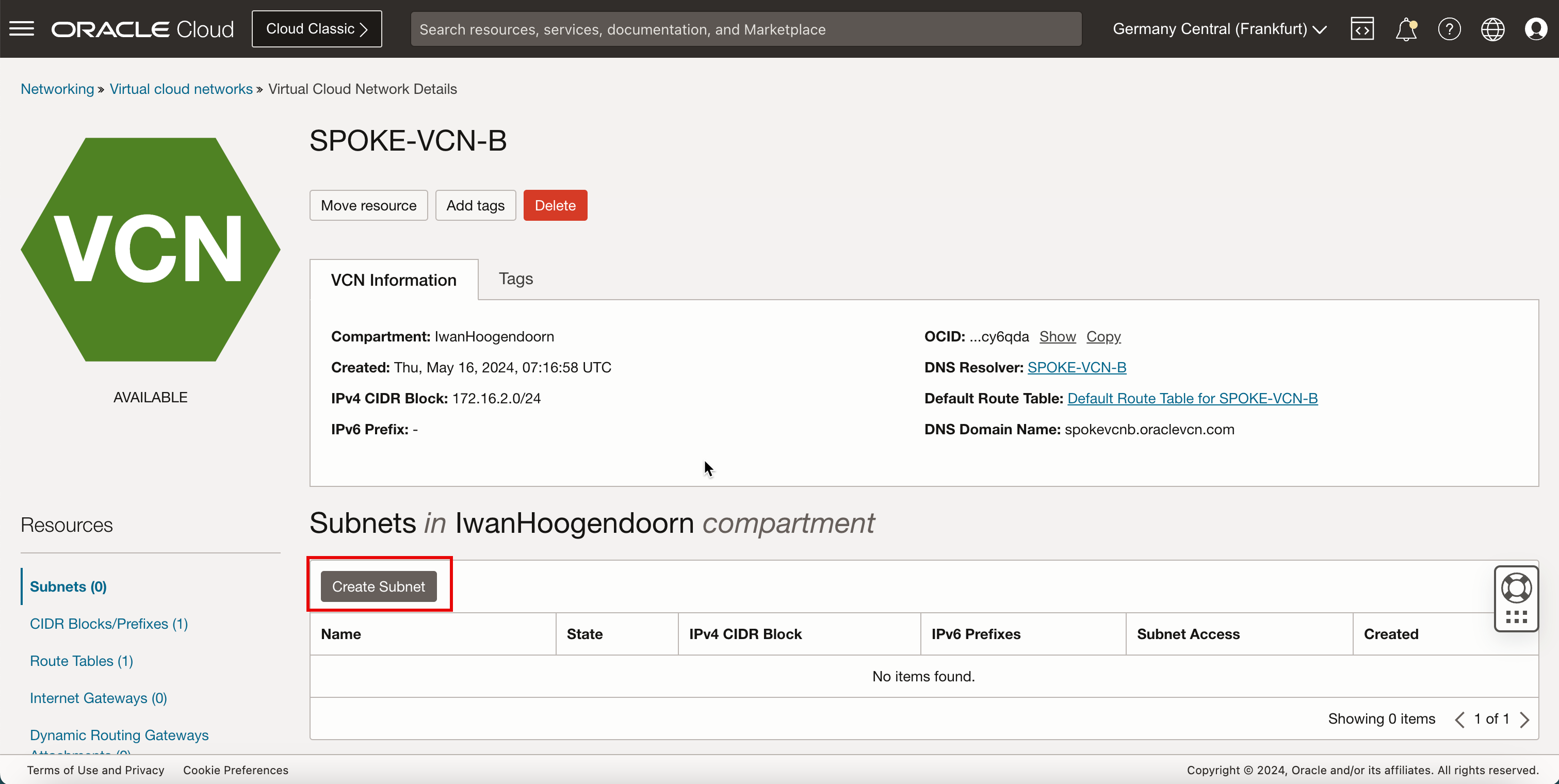

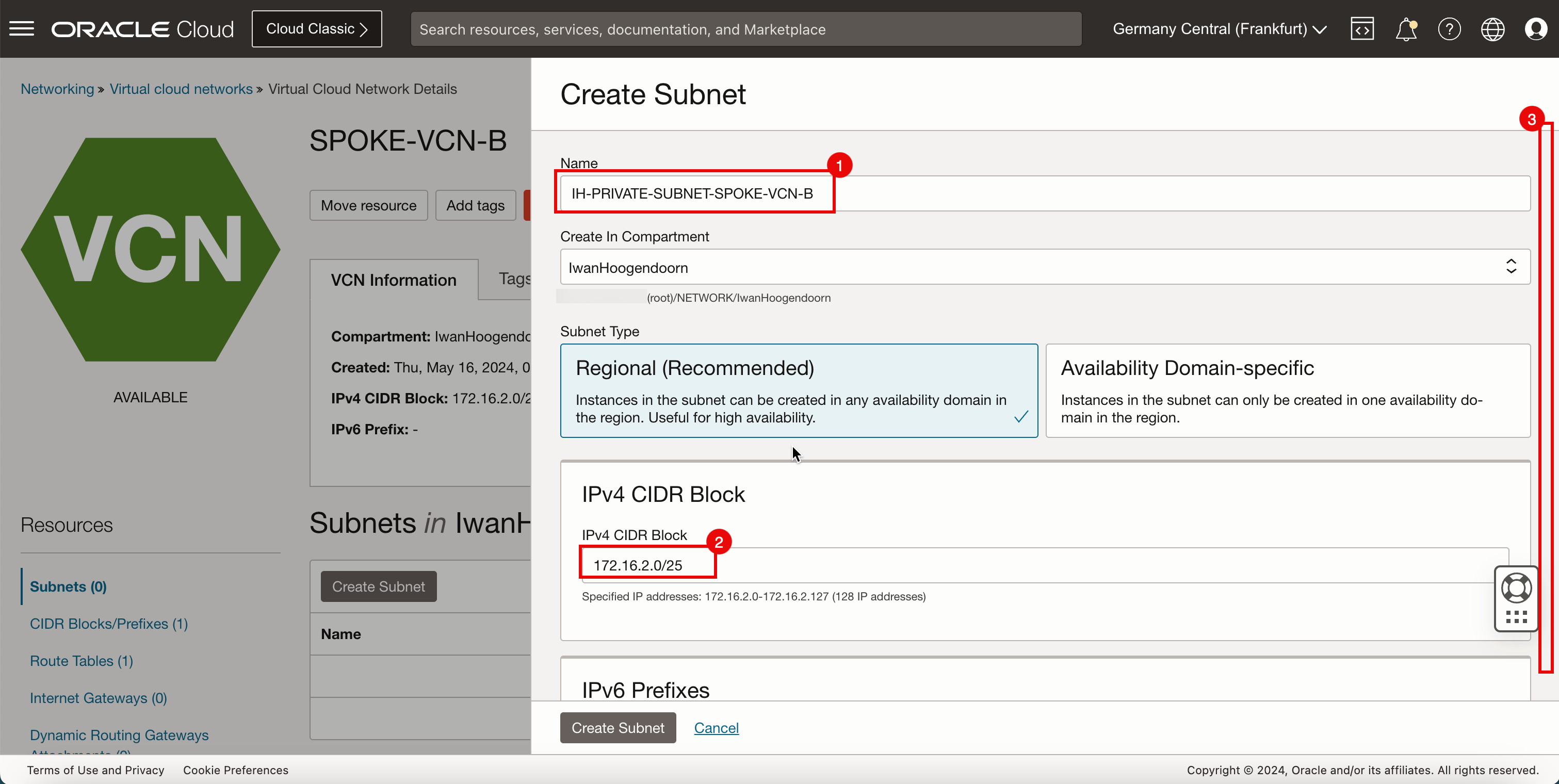

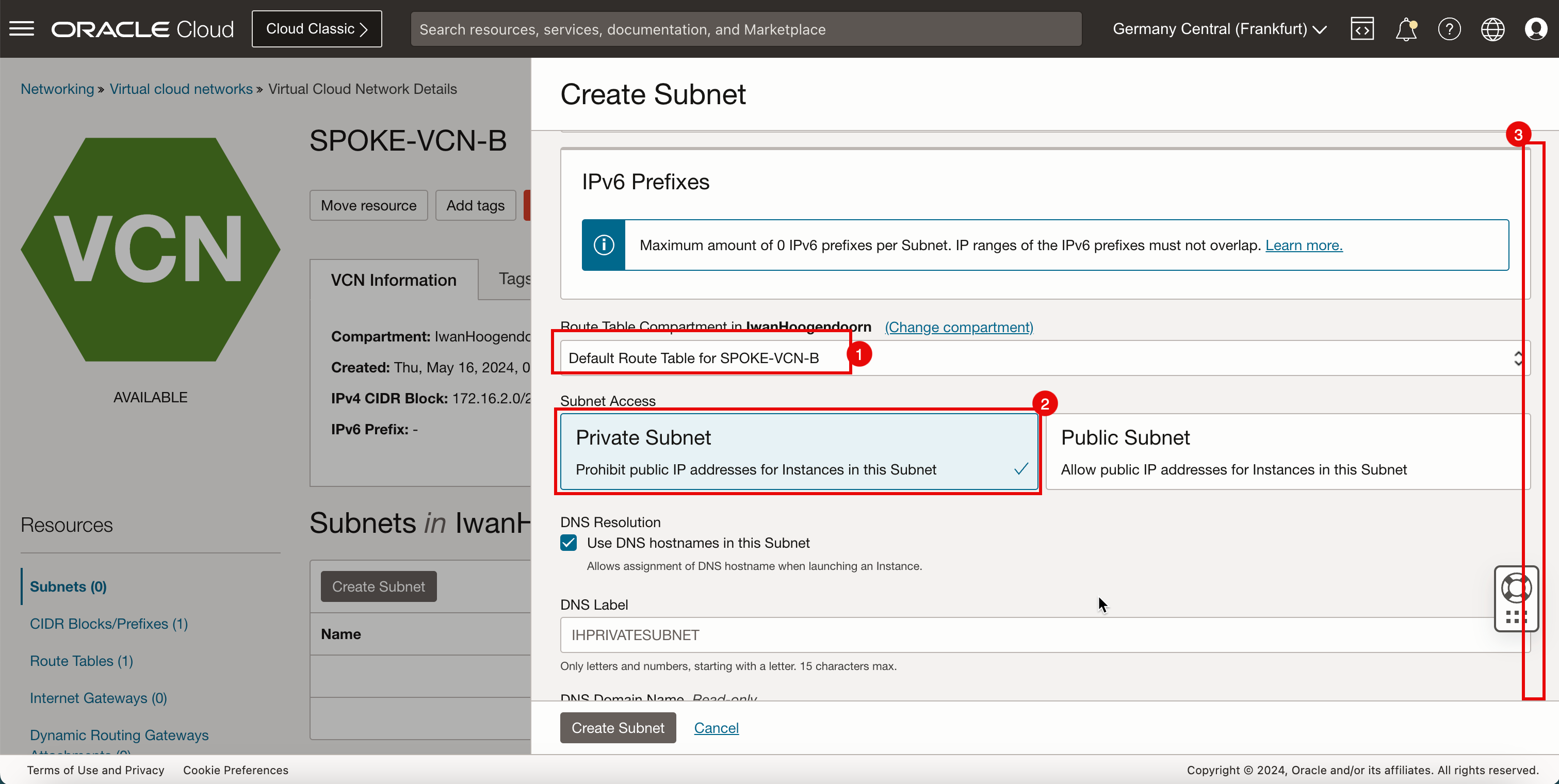

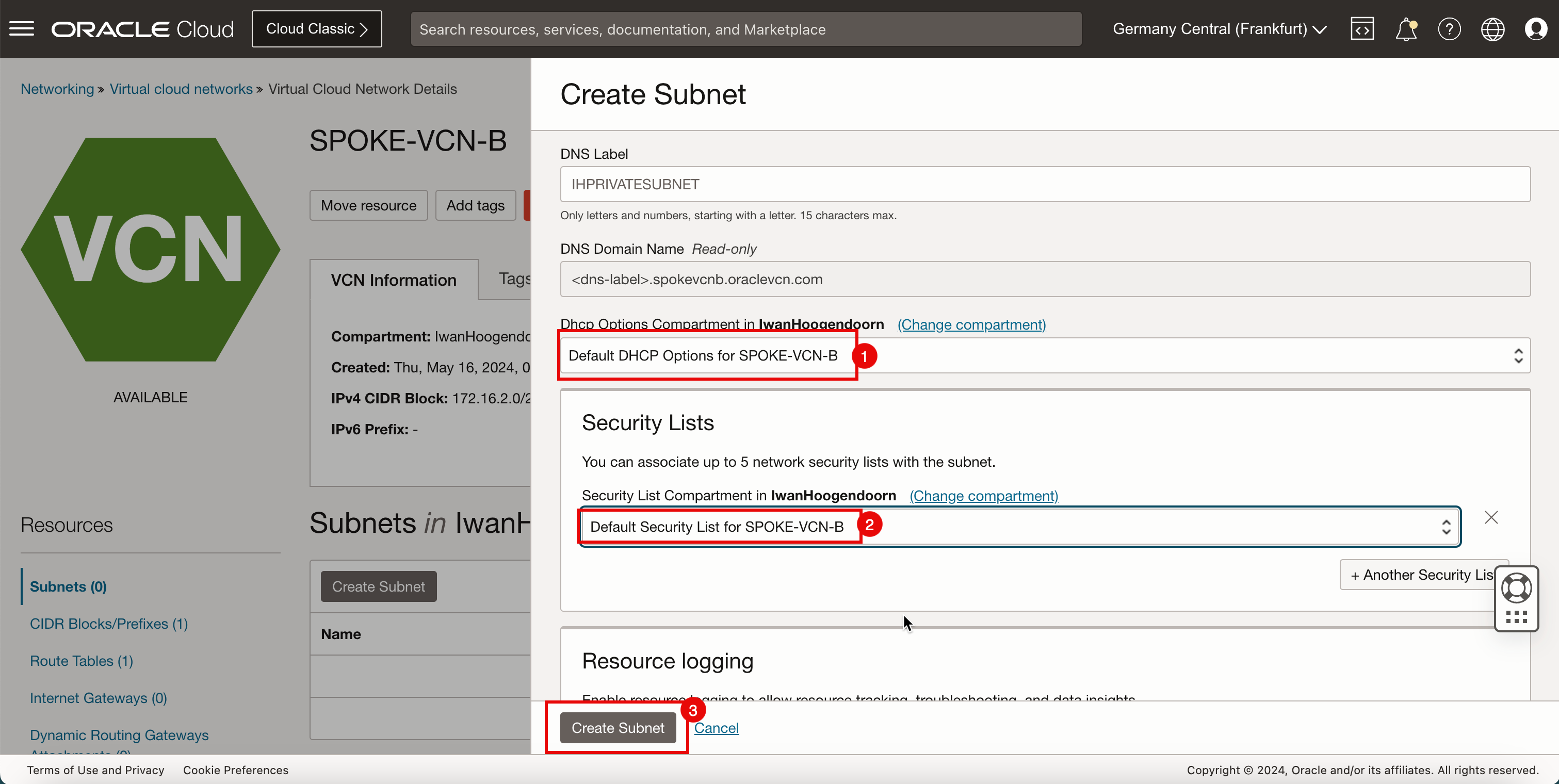

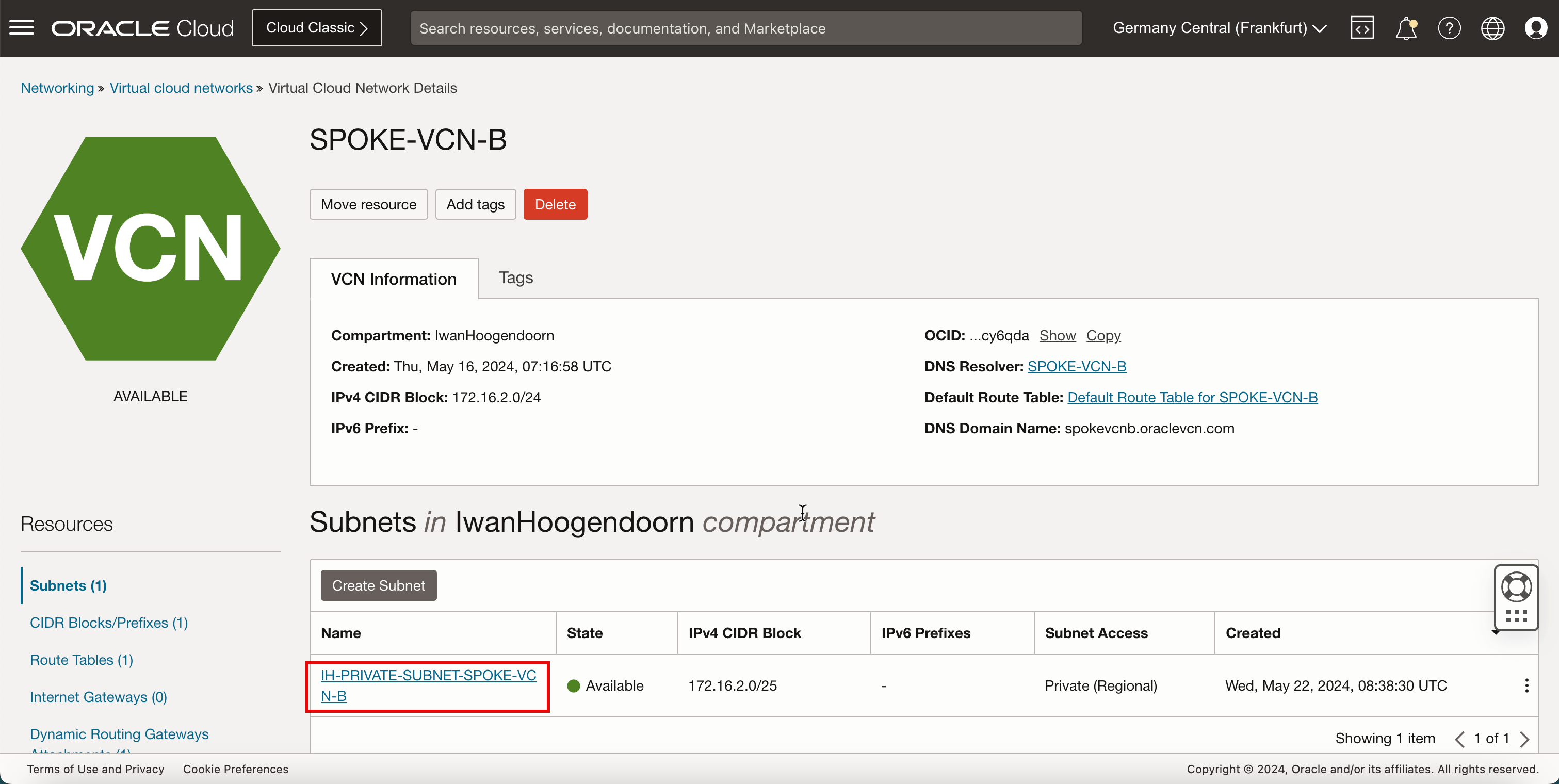

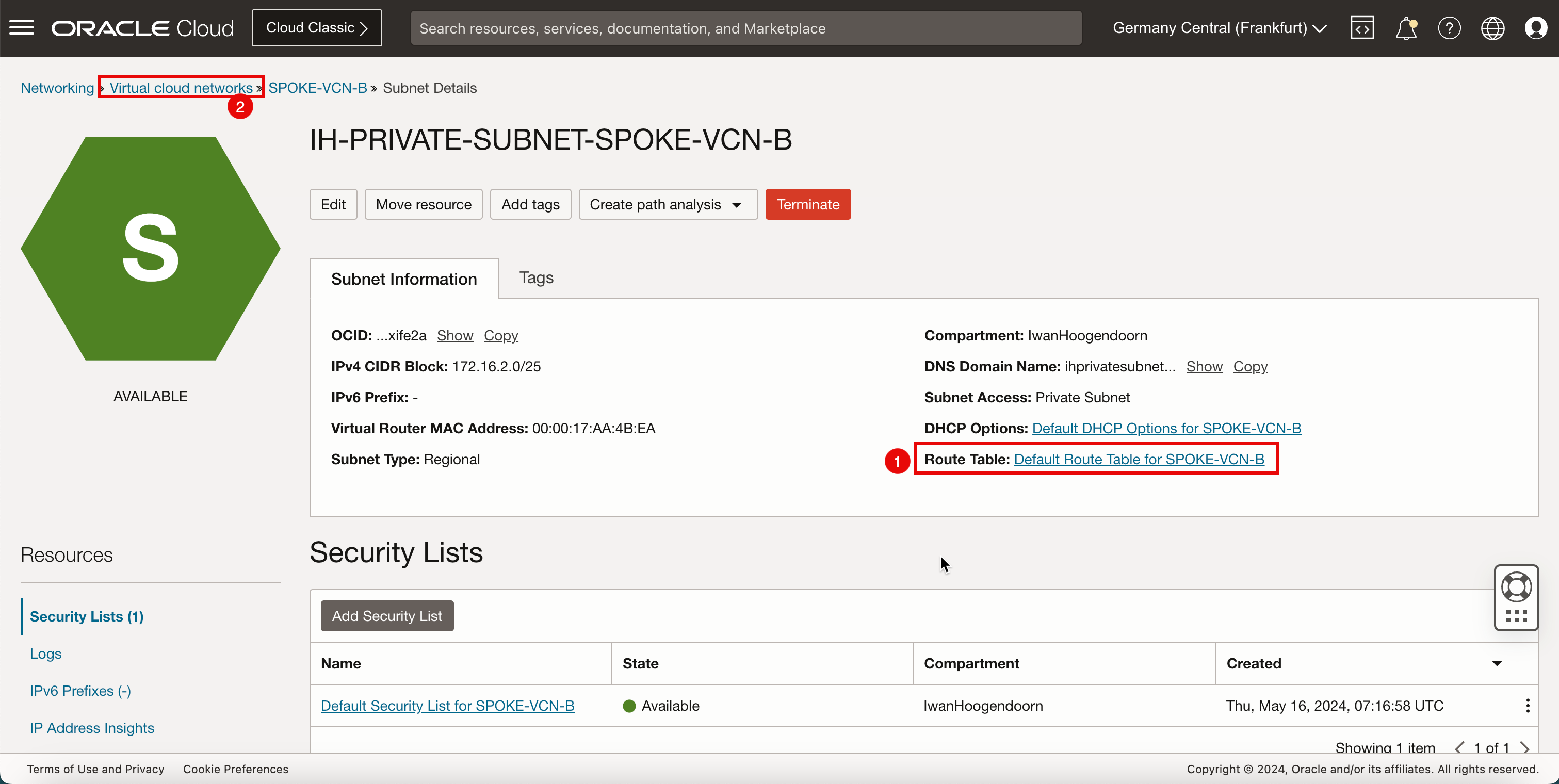

Creare una subnet nella VCN spoke B

Crea una subnet privata all'interno della VCN B spoke.

-

Fare clic sulla VCN B spoke.

-

Fare clic su Crea subnet per creare la subnet (privata).

- Immettere il nome per la subnet privata.

- Immettere il blocco CIDRIPv4 CIDR IPv4 per la subnet privata.

- scorrere in Basso.

- In Route Table selezionare la tabella di instradamento predefinita.

- In Accesso alla subnet, selezionare una subnet privata.

- scorrere in Basso.

- Nella sezione opzioni DHCP, selezionare le opzioni DHCP predefinite.

- In Elenco sicurezza, selezionare la lista di sicurezza predefinita.

- Fare clic su Crea subnet.

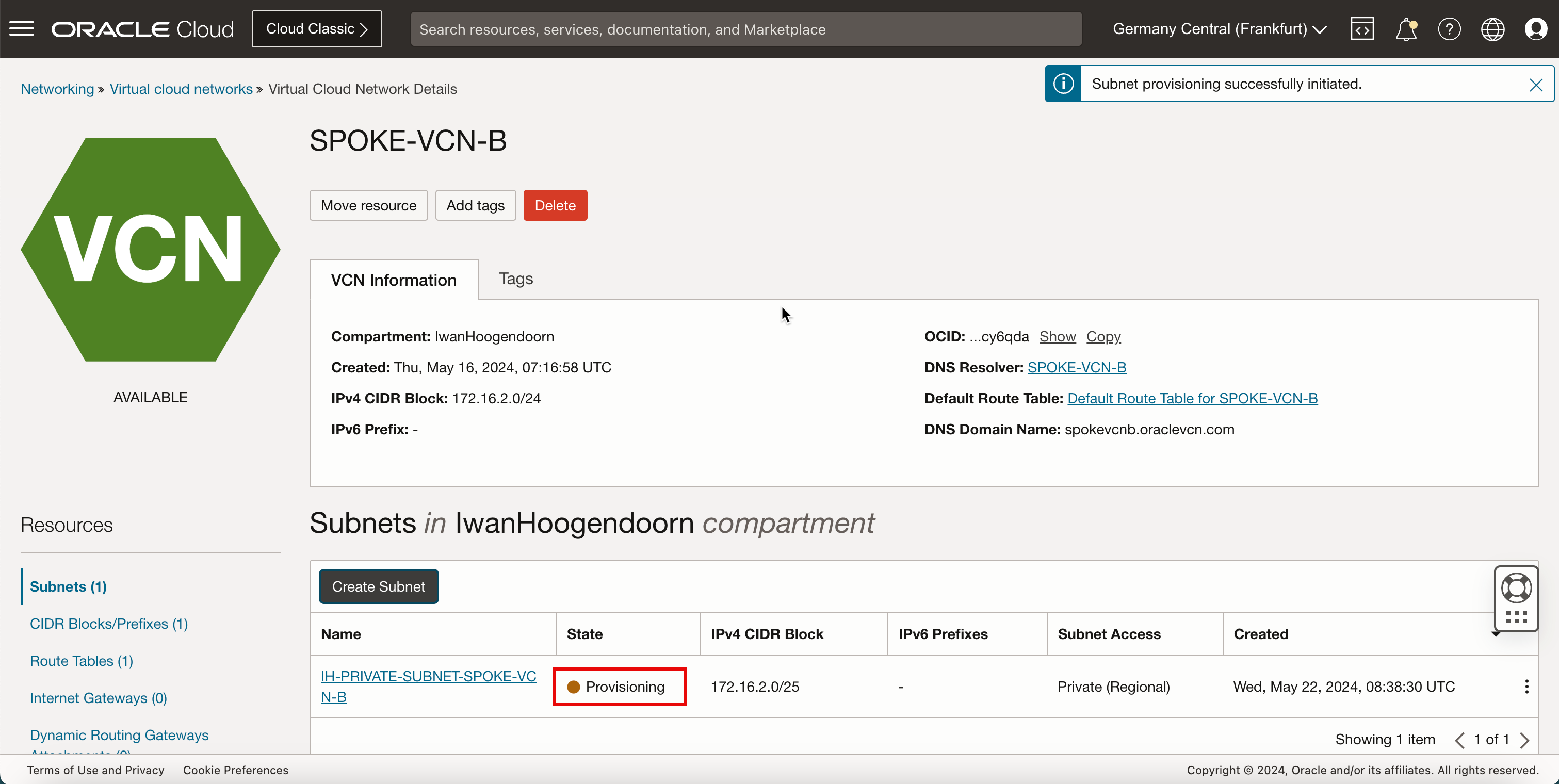

-

Si noti che lo stato è impostato su Provisioning.

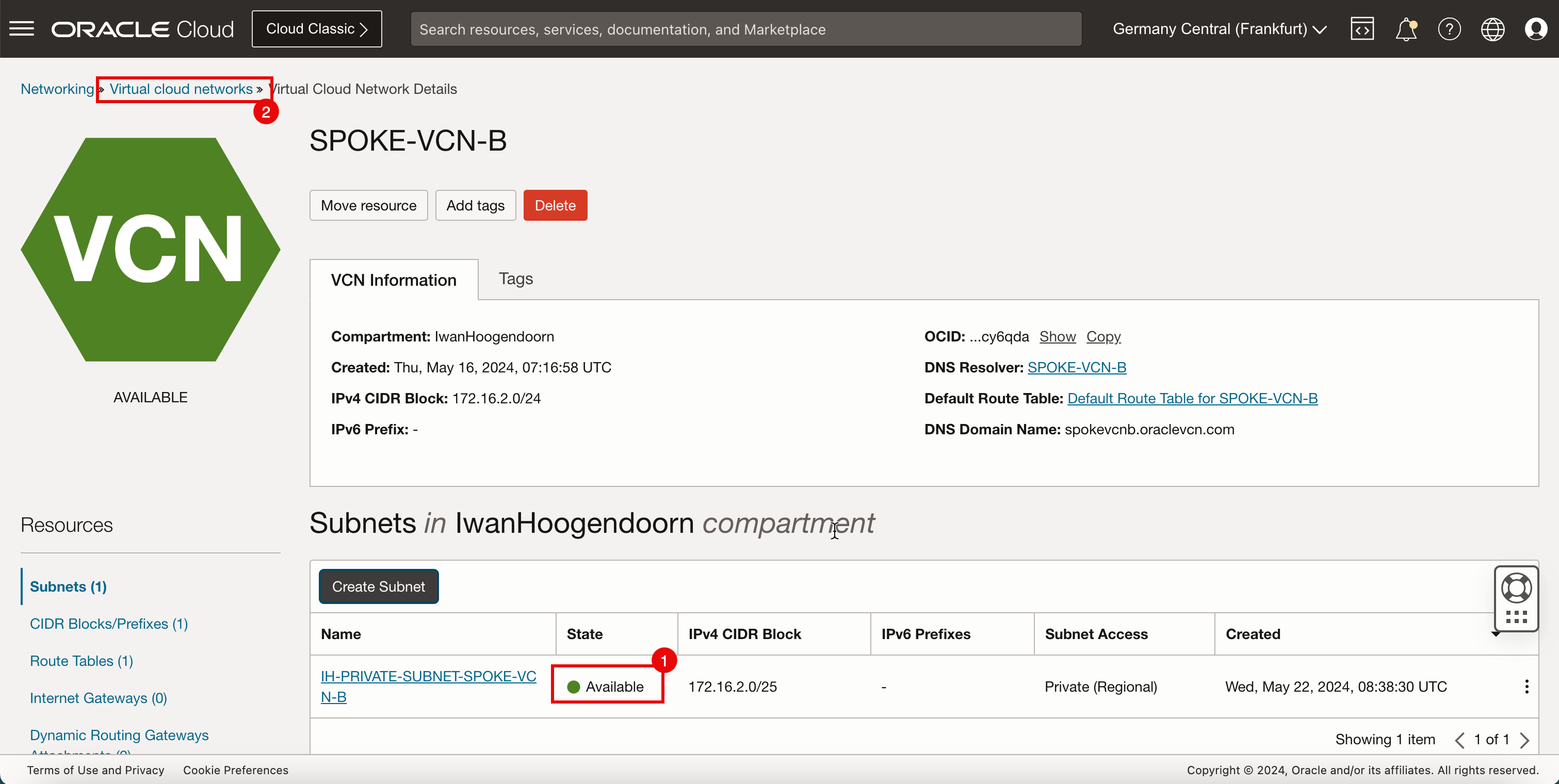

- Si noti che lo stato viene modificato in Disponibile.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

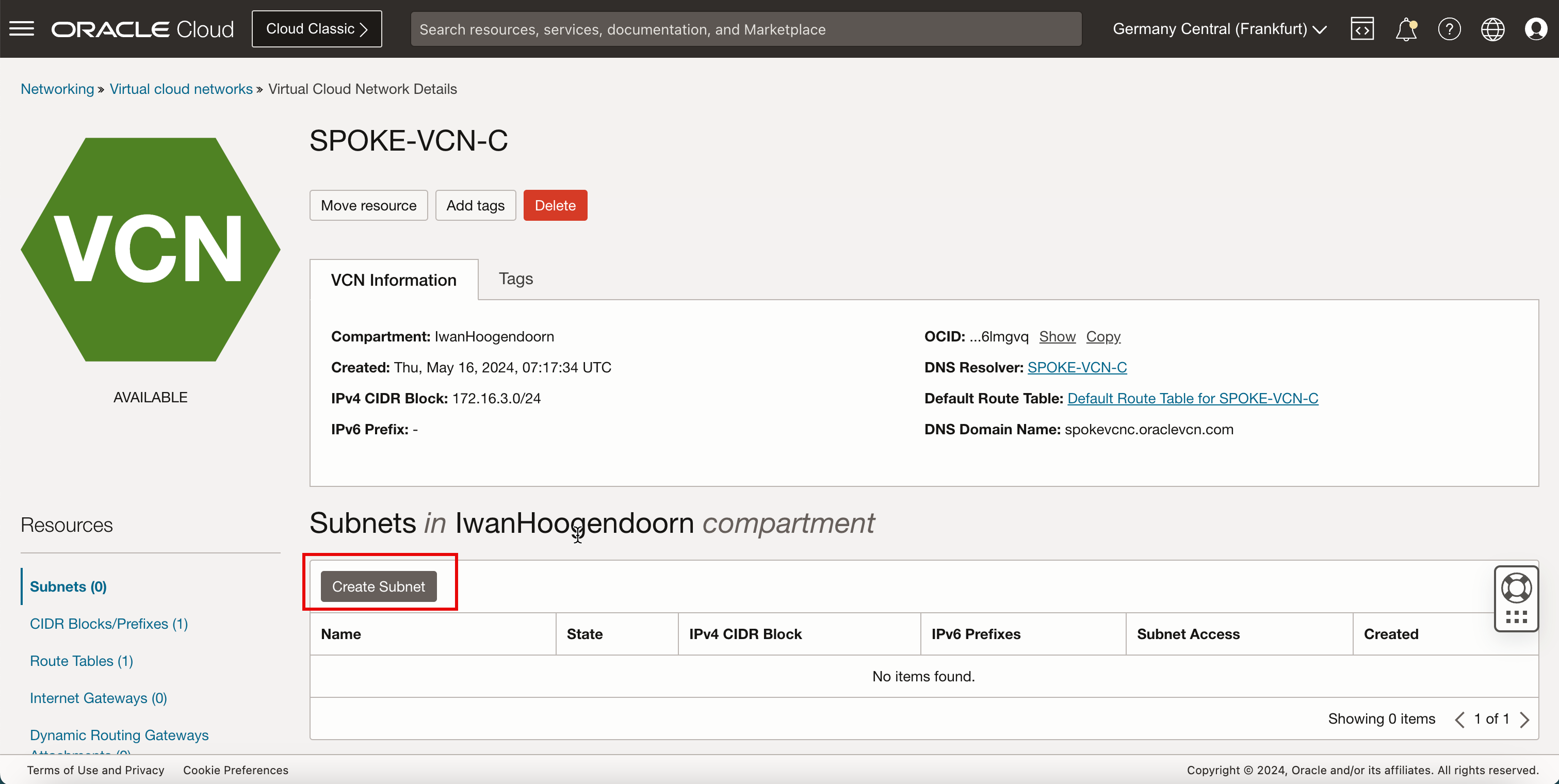

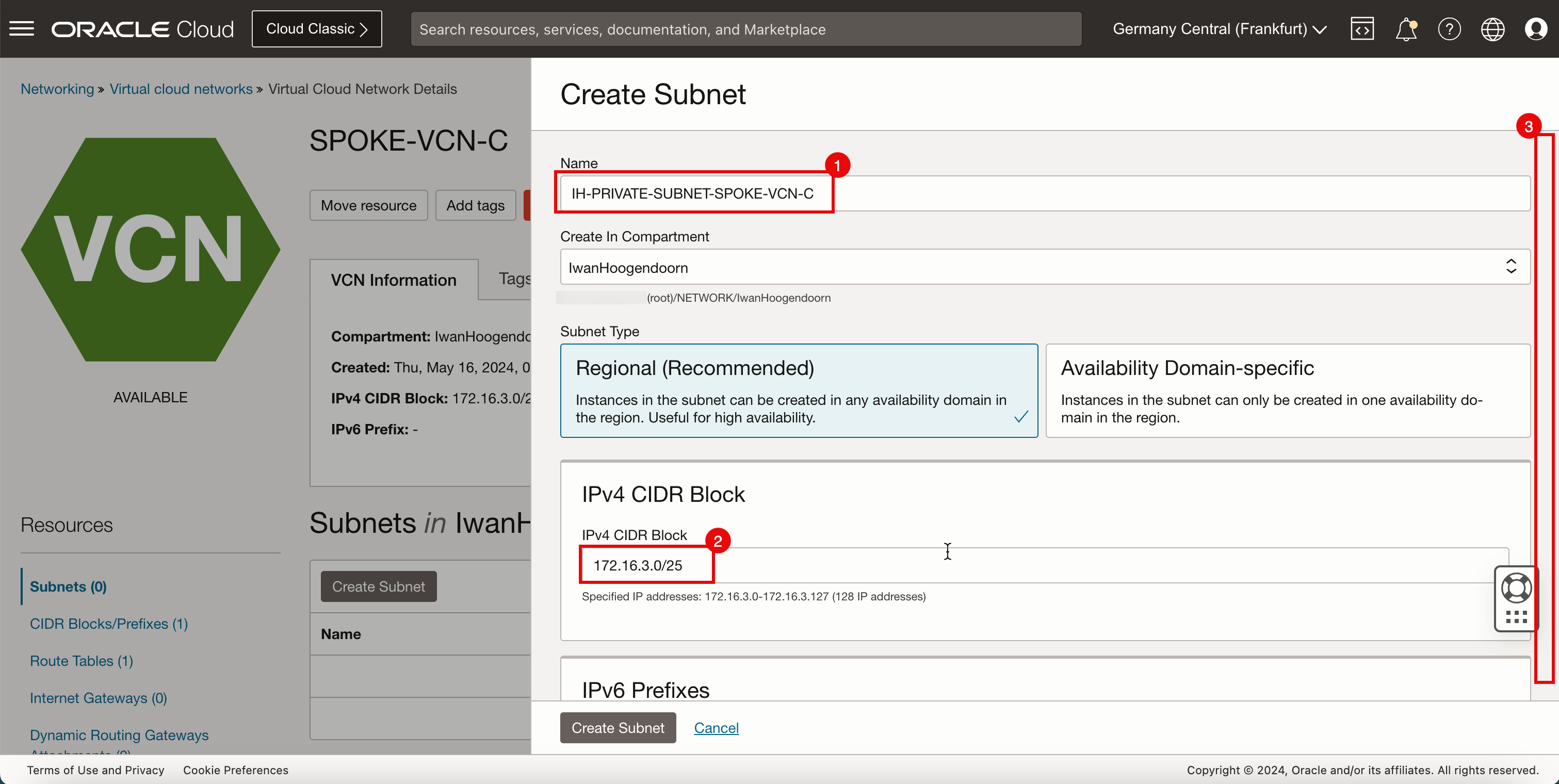

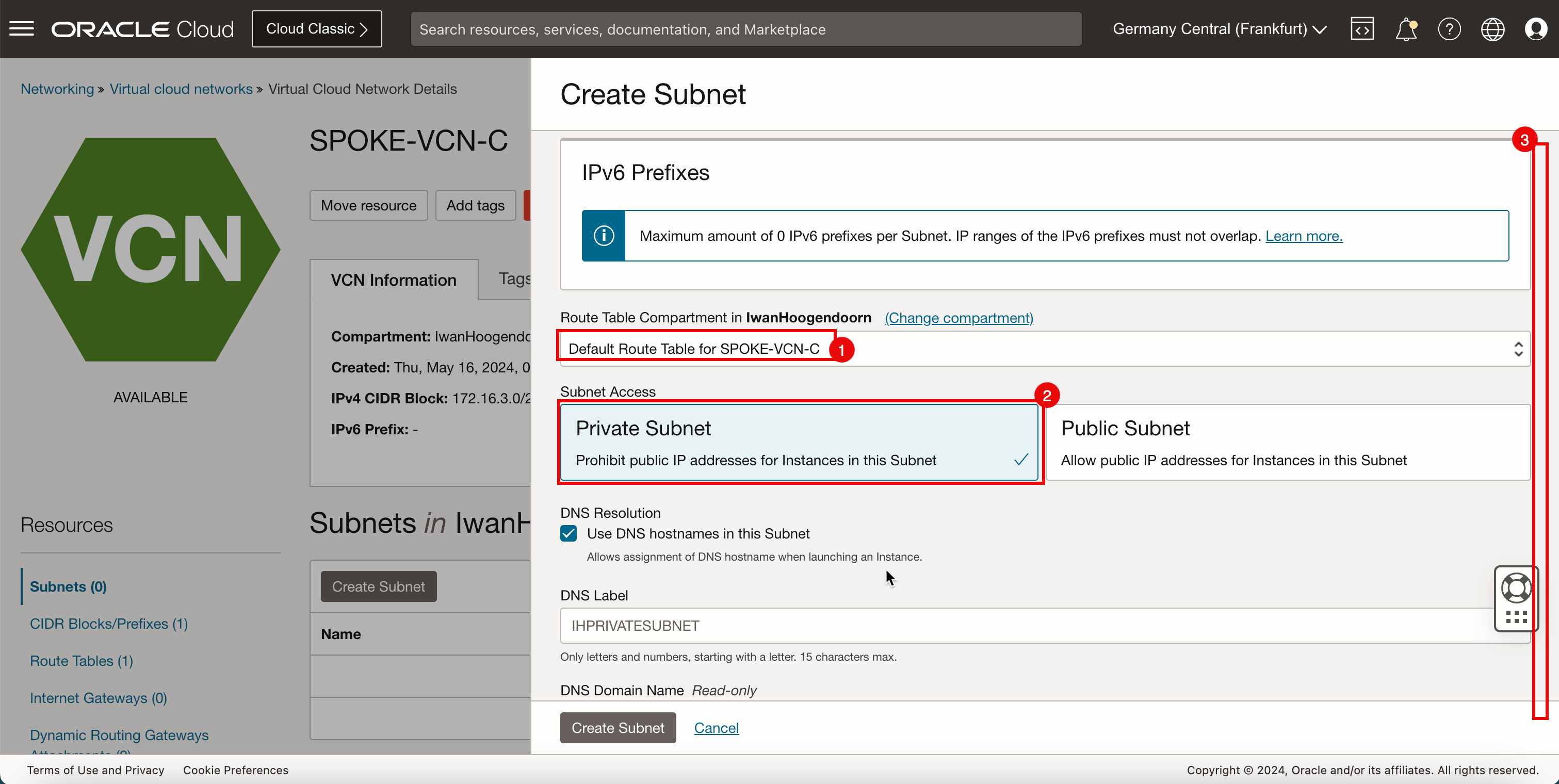

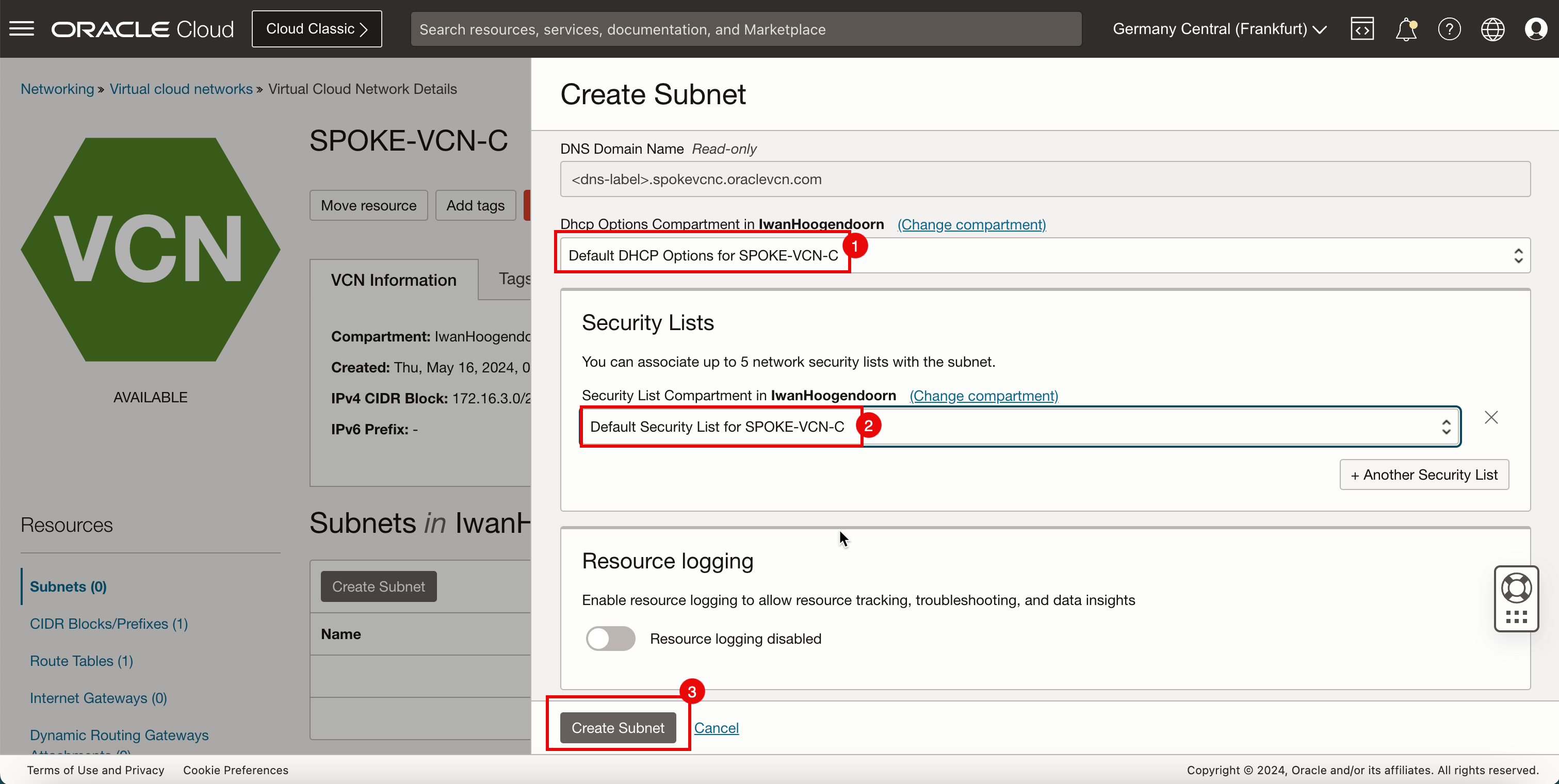

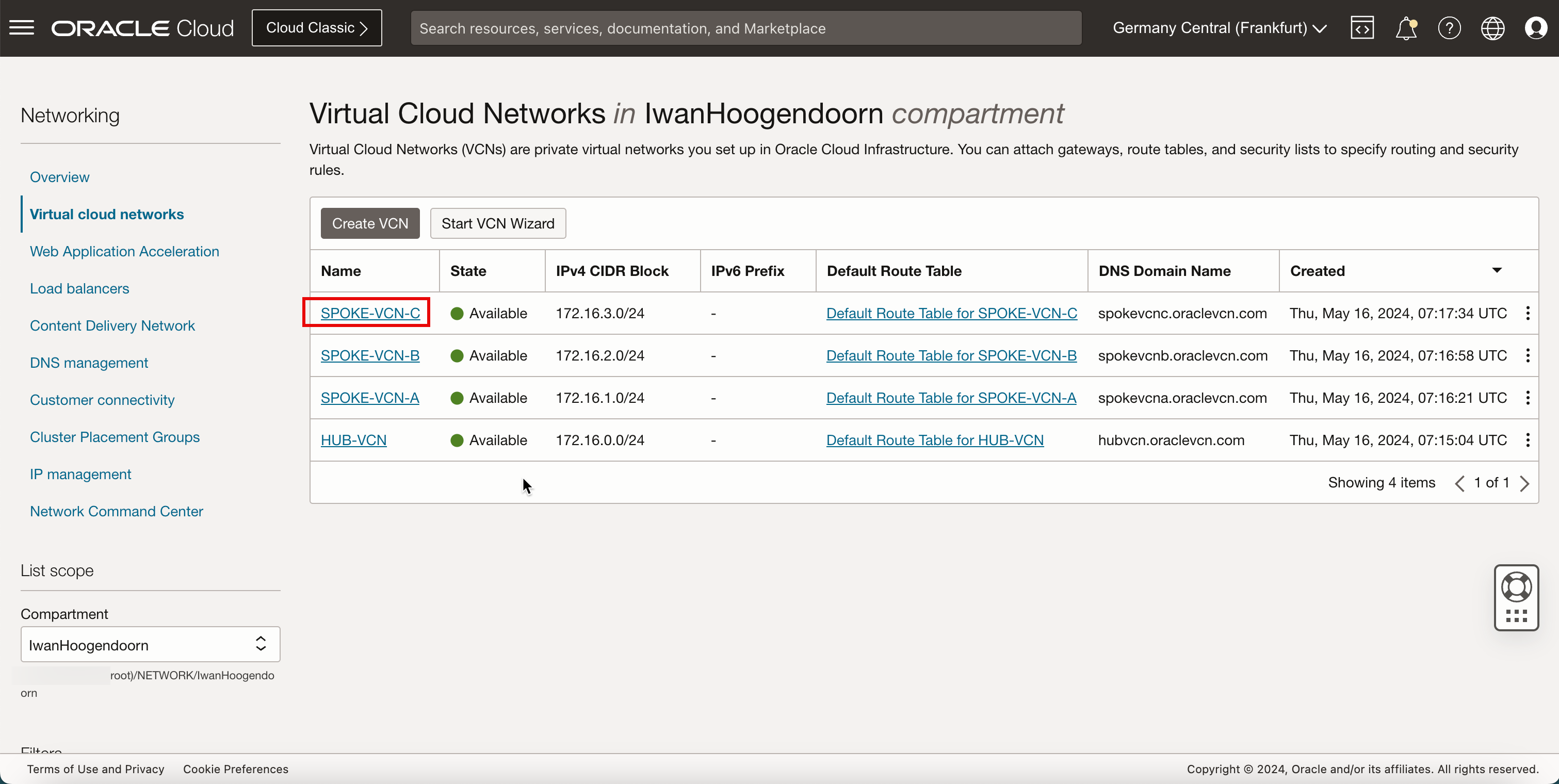

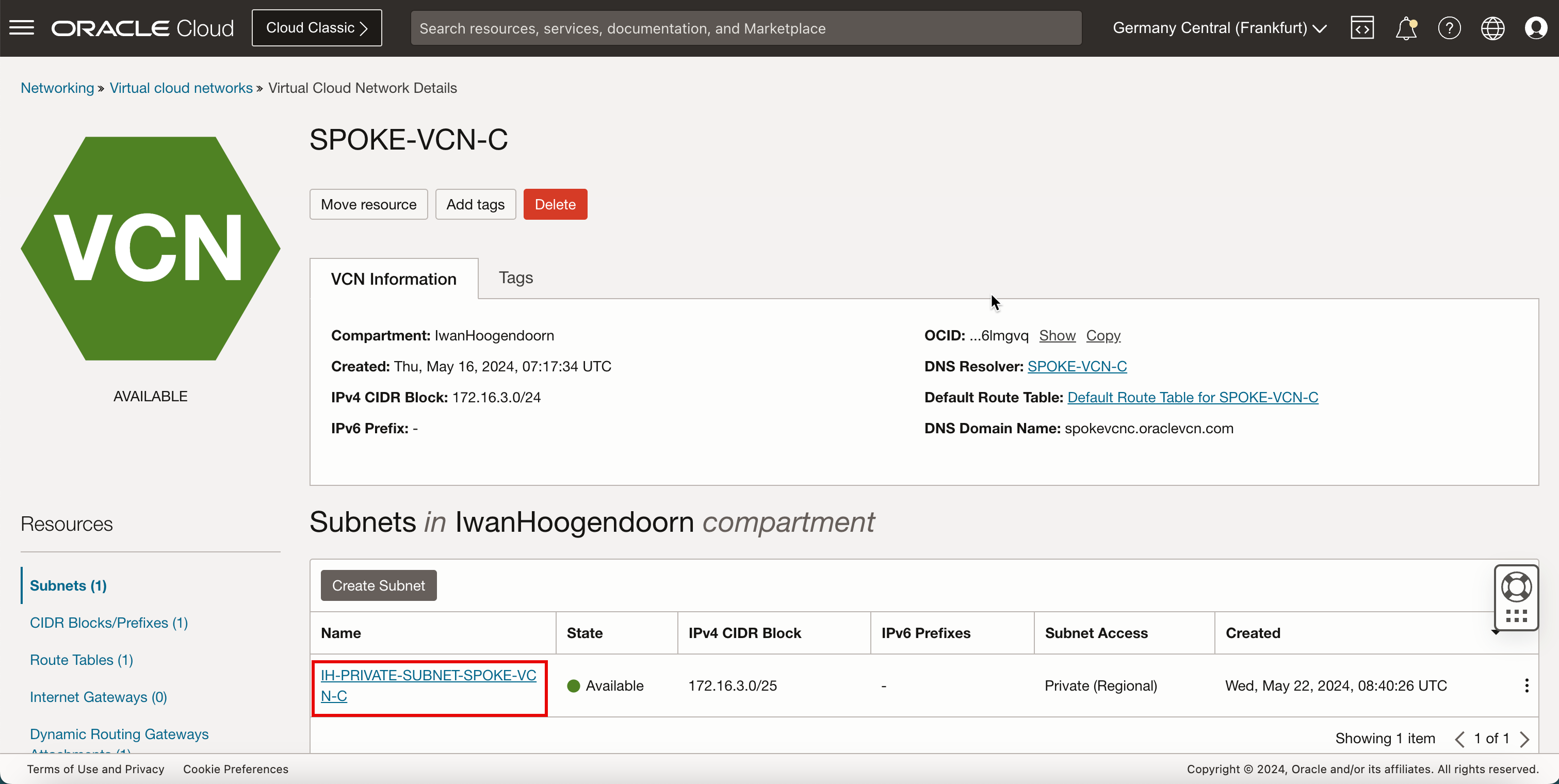

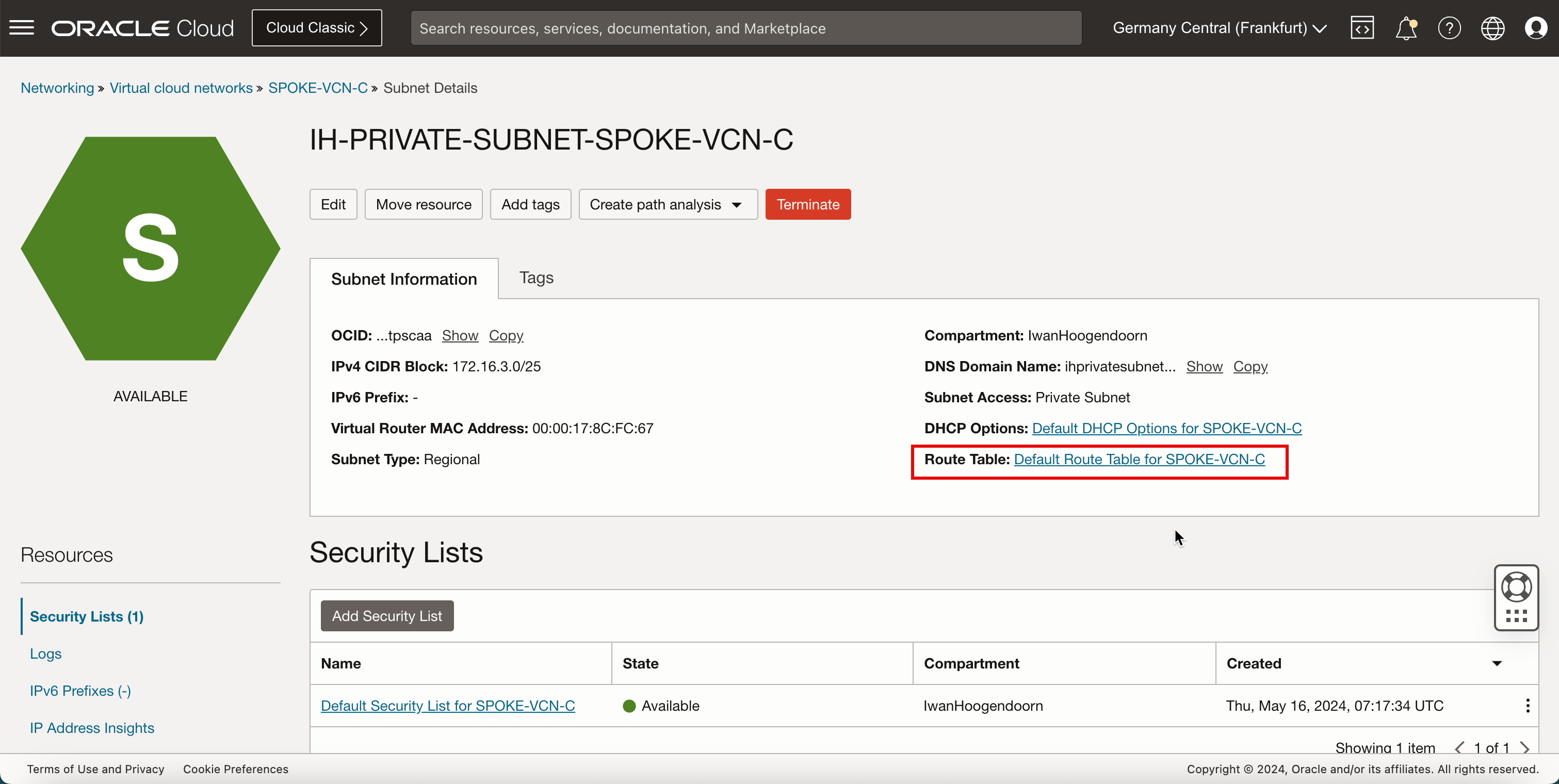

Crea subnet all'interno della VCN C dell'hub

Crea una subnet privata all'interno della VCN C spoke.

-

Fare clic sulla VCN C spoke.

-

Fare clic su Crea subnet per creare la subnet (privata).

- Immettere il nome per la subnet privata.

- Immettere il blocco CIDRIPv4 CIDR IPv4 per la subnet privata.

- scorrere in Basso.

- In Route Table selezionare la tabella di instradamento predefinita.

- In Accesso alla subnet, selezionare una subnet privata.

- scorrere in Basso.

- Nella sezione opzioni DHCP, selezionare le opzioni DHCP predefinite.

- In Elenco sicurezza, selezionare la lista di sicurezza predefinita.

- Fare clic su Crea subnet.

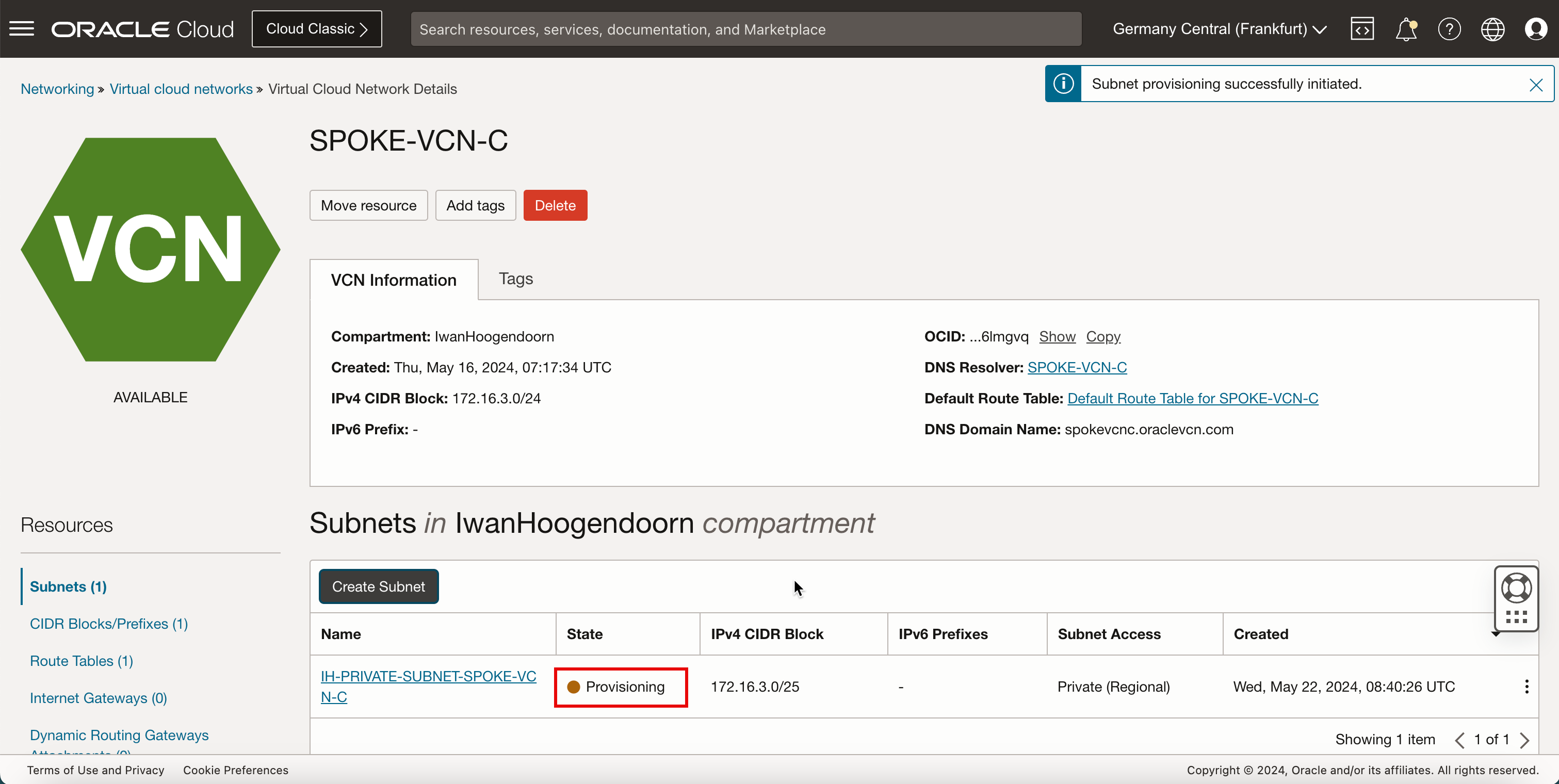

-

Si noti che lo stato è impostato su Provisioning.

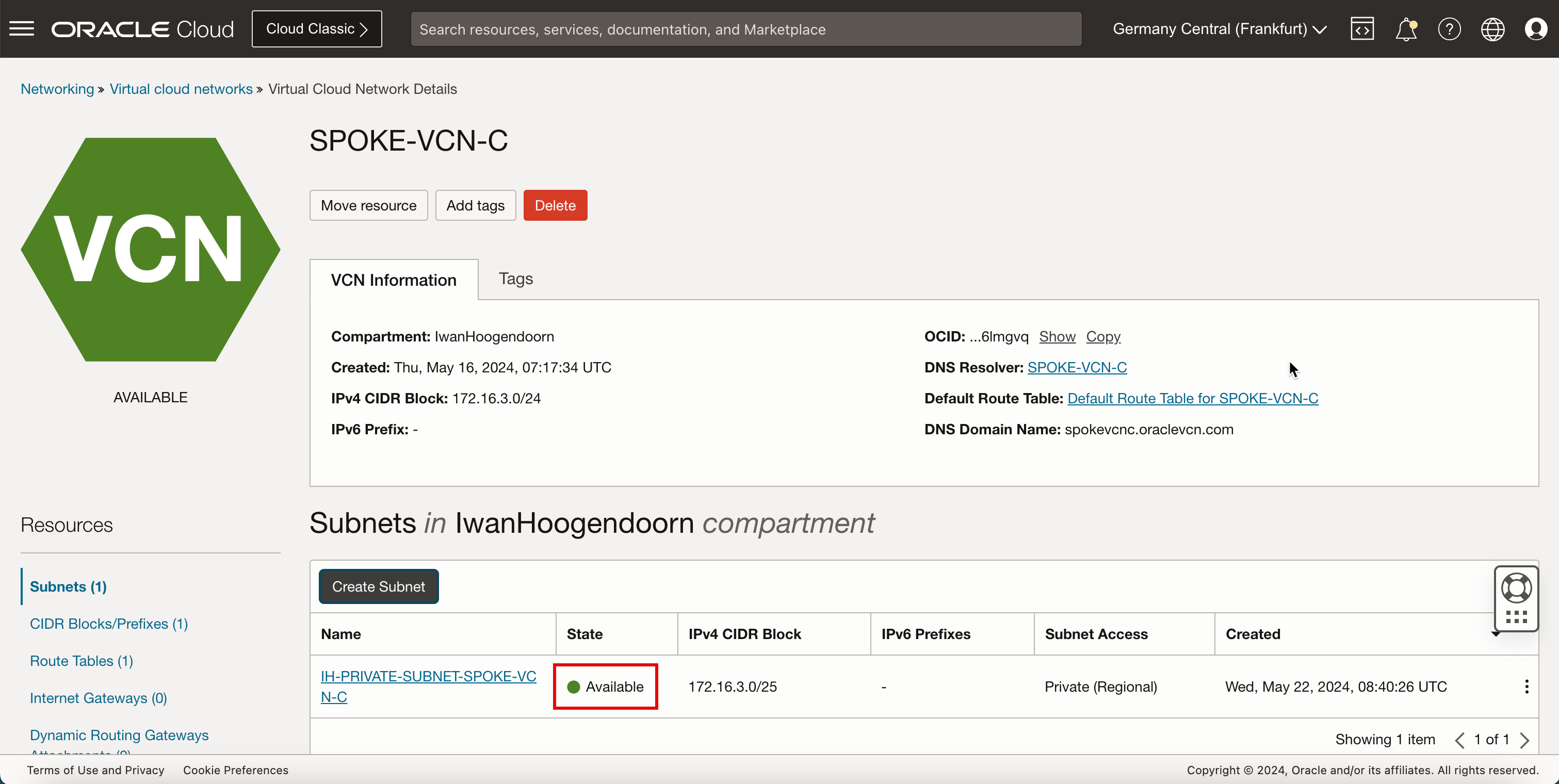

-

Si noti che lo stato viene modificato in Disponibile.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 3: creare un gateway di instradamento dinamico (DRG), un gateway Internet e un gateway NAT nella VCN dell'hub

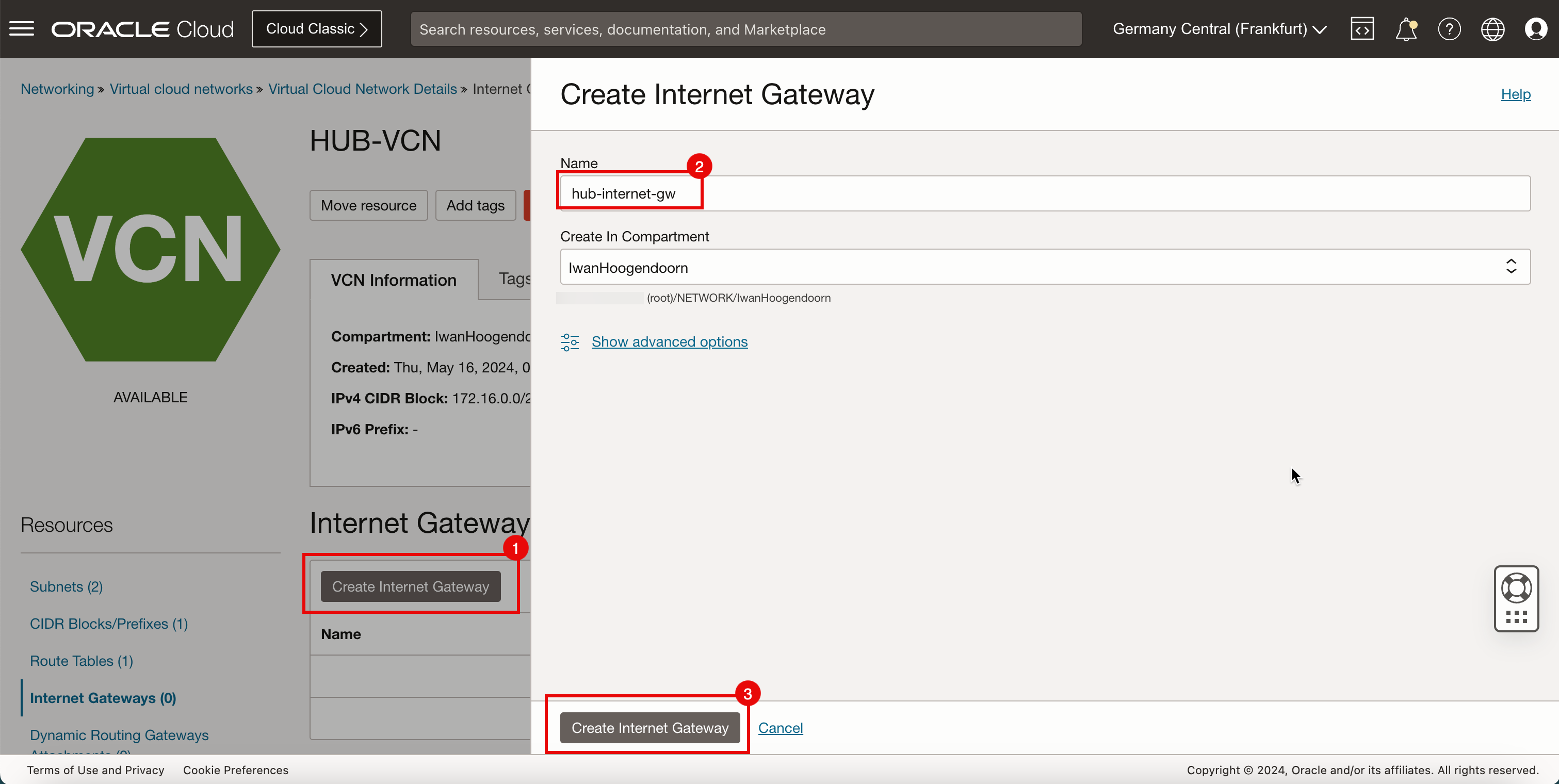

Crea un DRG che verrà utilizzato per instradare il traffico tra le VCN. Dobbiamo anche creare un gateway Internet e un gateway NAT per il nostro accesso a Internet.

-

Fare clic sulla VCN hub.

-

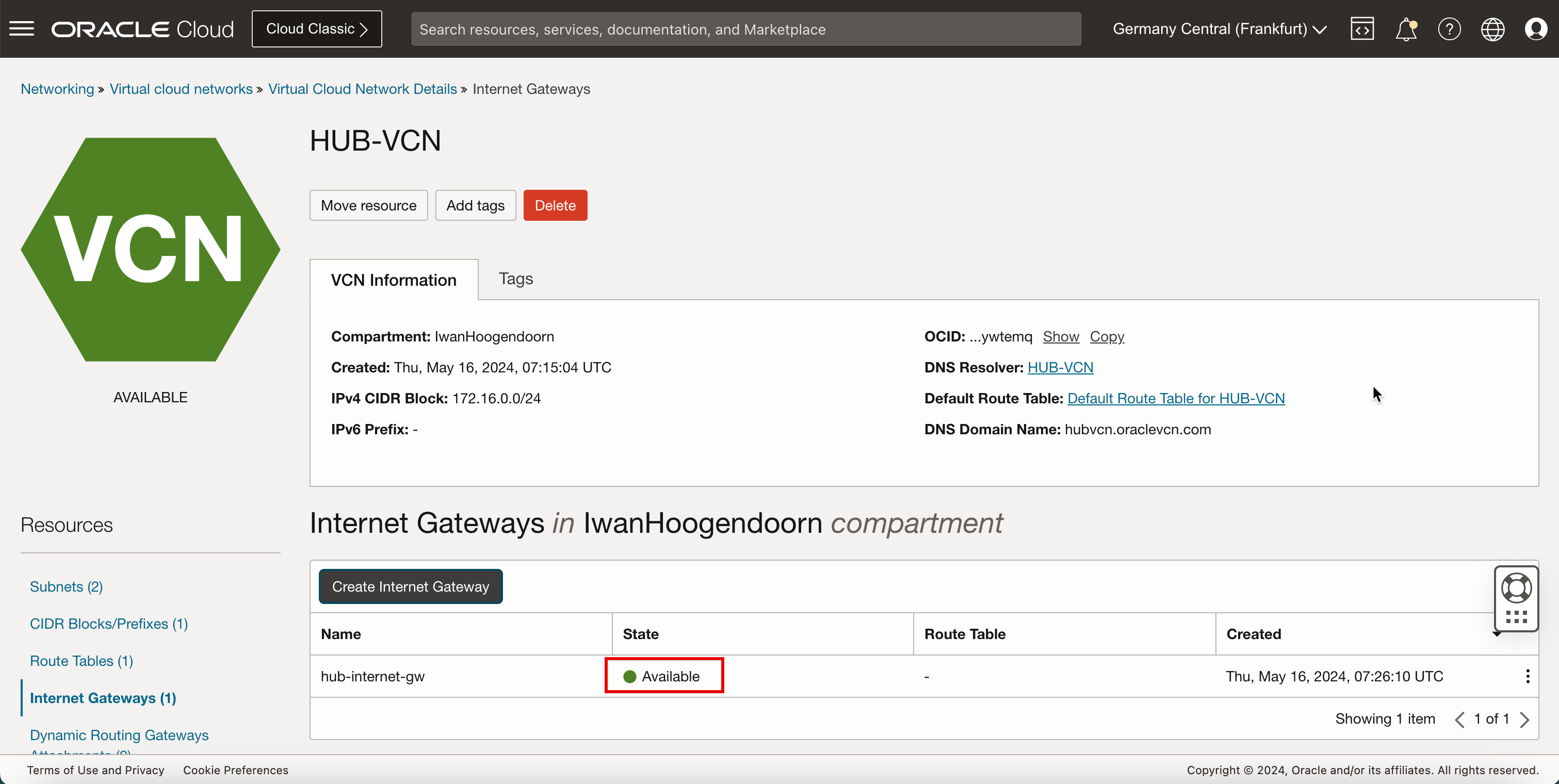

Fare clic su Gateway Internet.

- Fare clic su Crea gateway Internet.

- Immettere il nome del gateway Internet.

- Fare clic su Crea gateway Internet.

- Lo stato è Disponibile.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

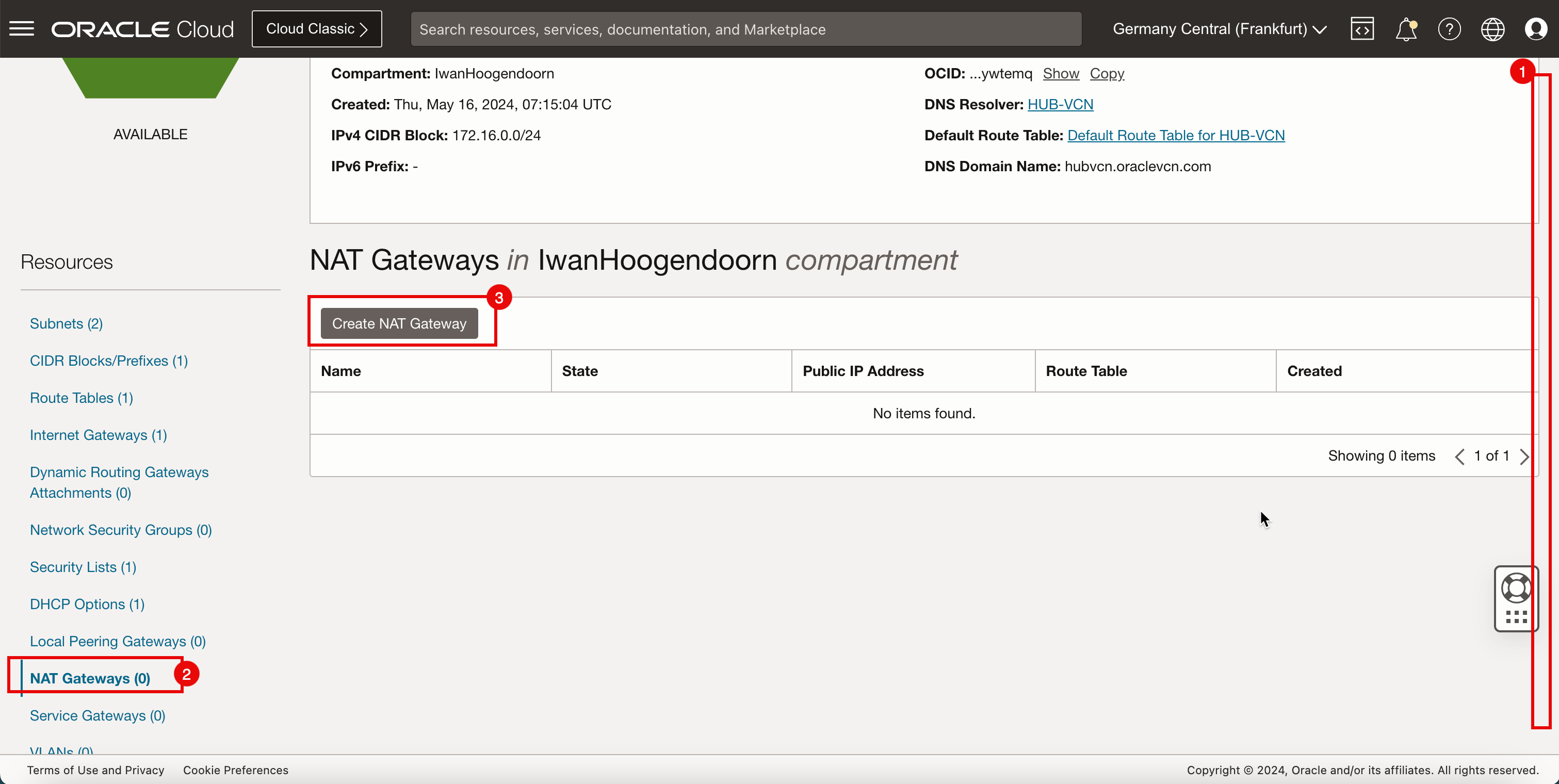

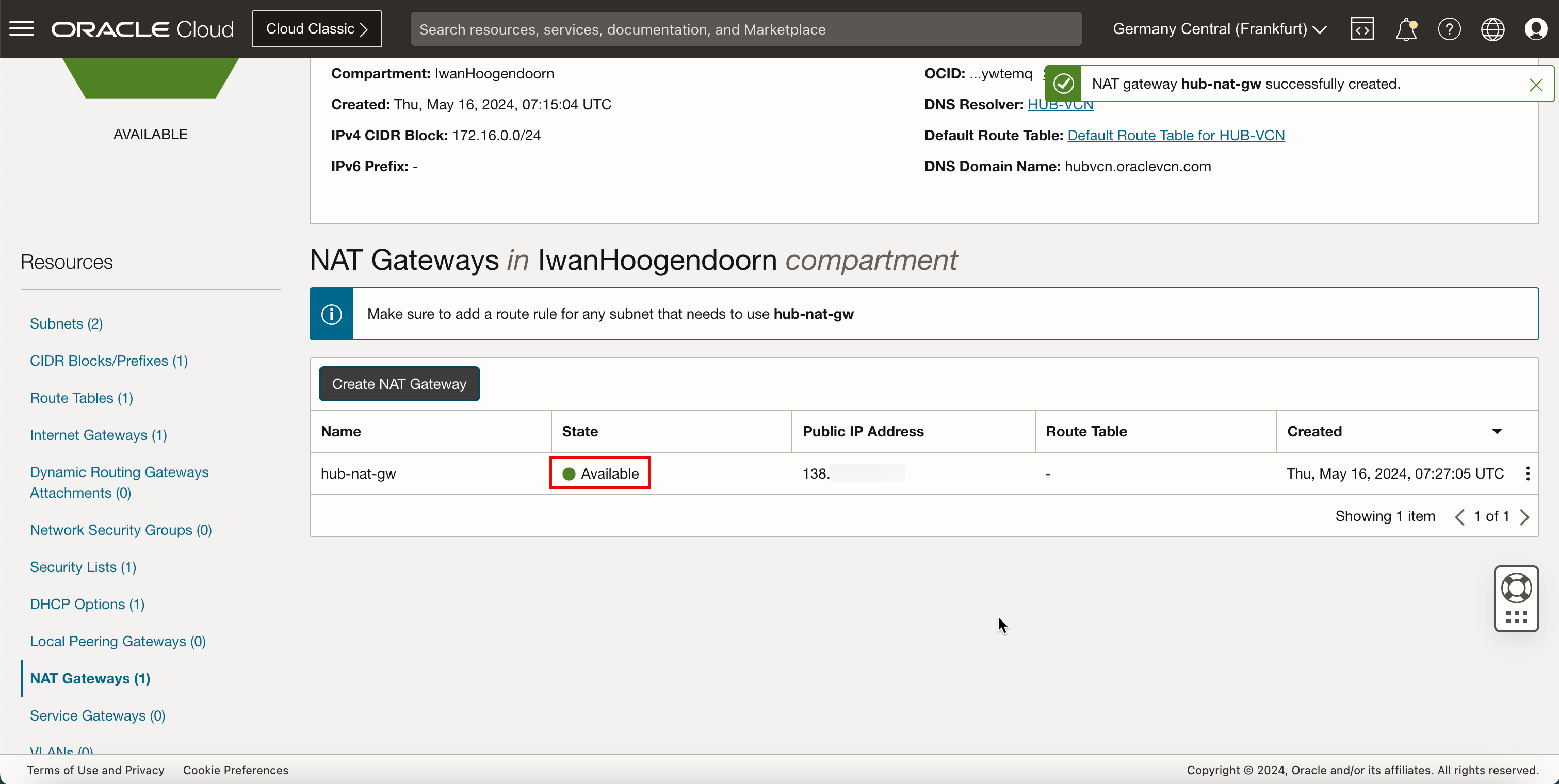

- Siamo all'interno della pagina di configurazione della VCN hub dopo la creazione del gateway Internet. scorrere in Basso.

- Fare clic su Gateway NAT.

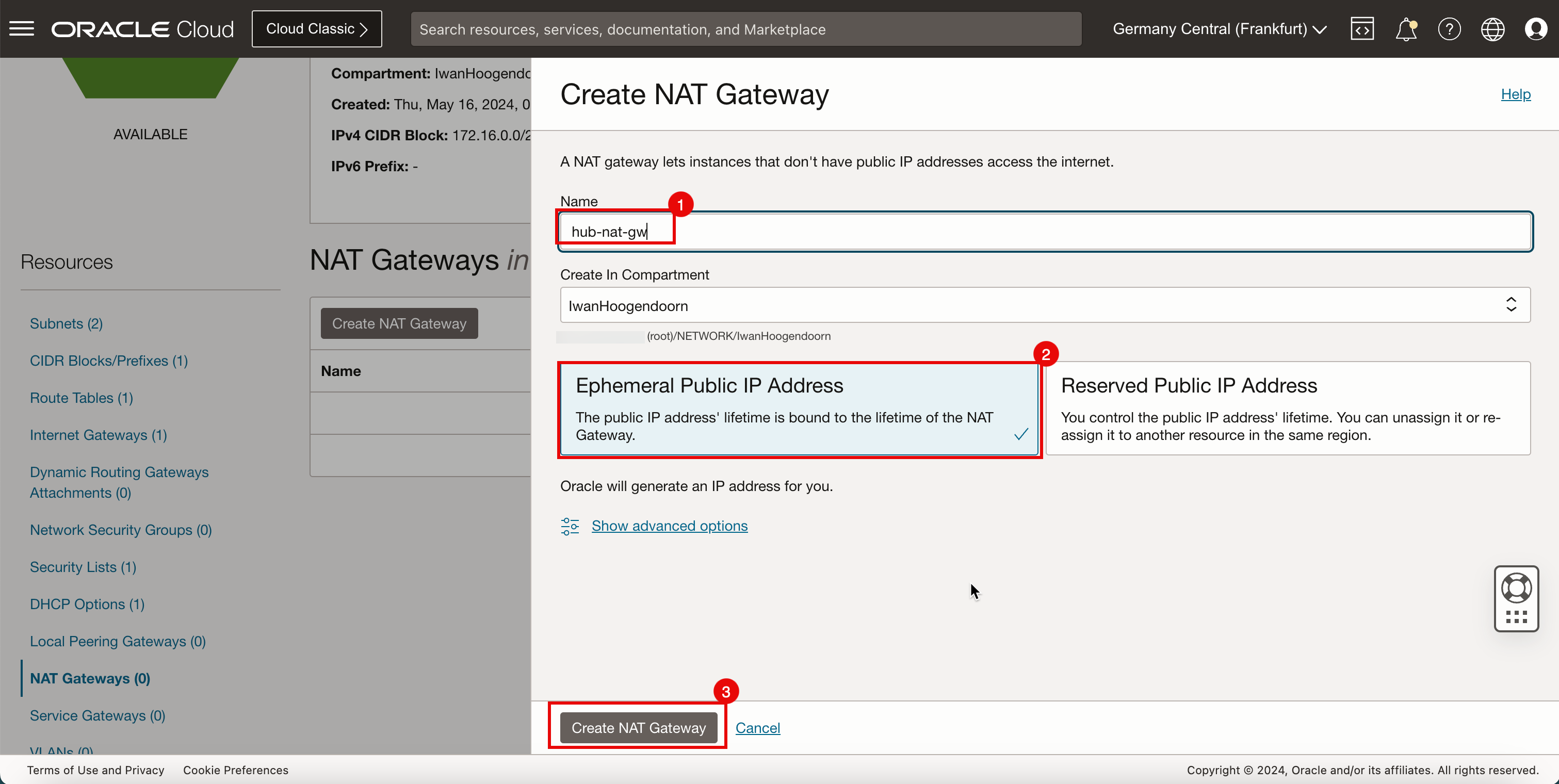

- Fare clic su Crea gateway NAT.

- Immettere il nome del gateway NAT.

- Selezionare Indirizzo IP pubblico temporaneo.

- Fare clic su Crea gateway NAT.

- Lo stato è Disponibile.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

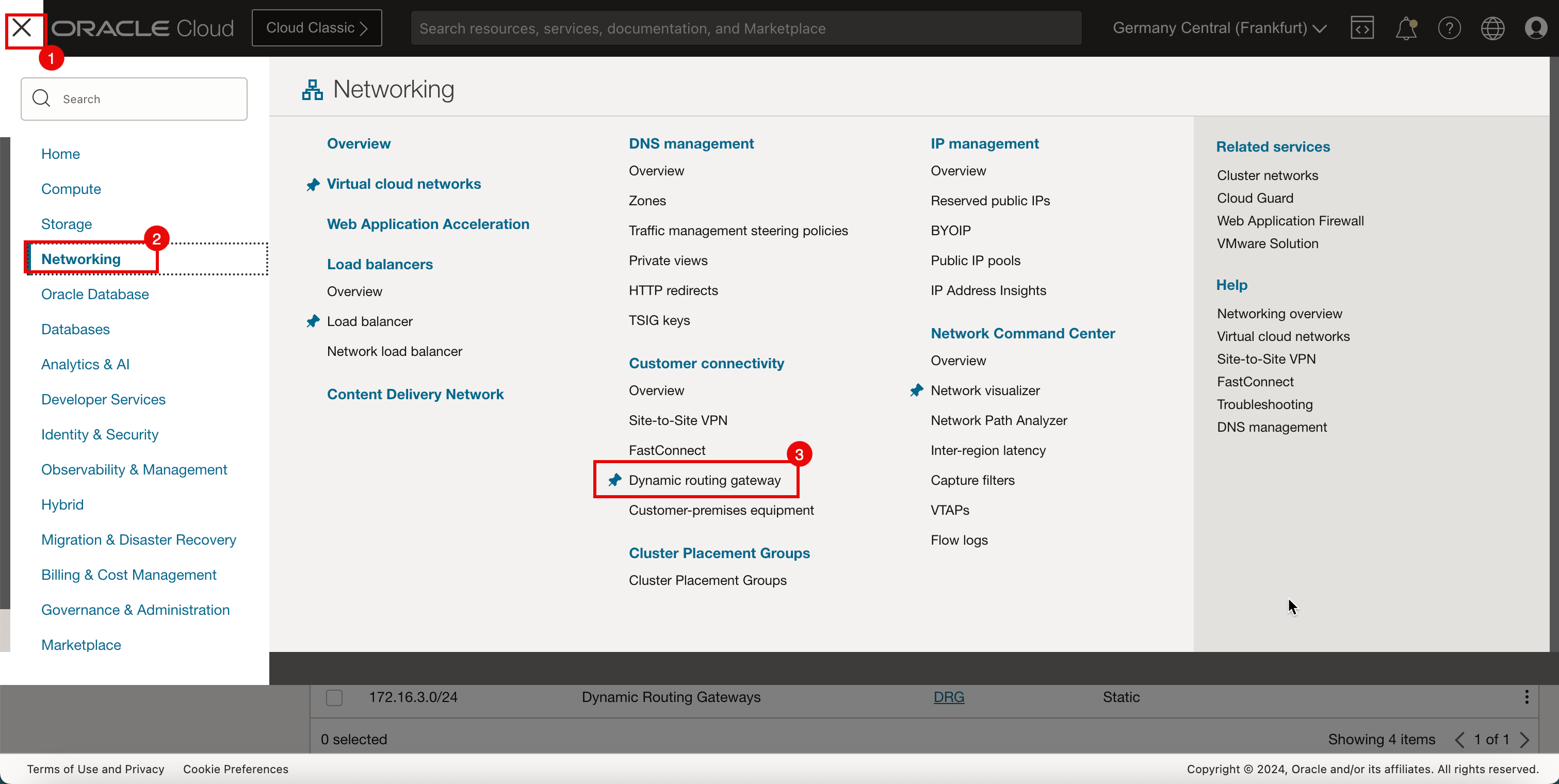

-

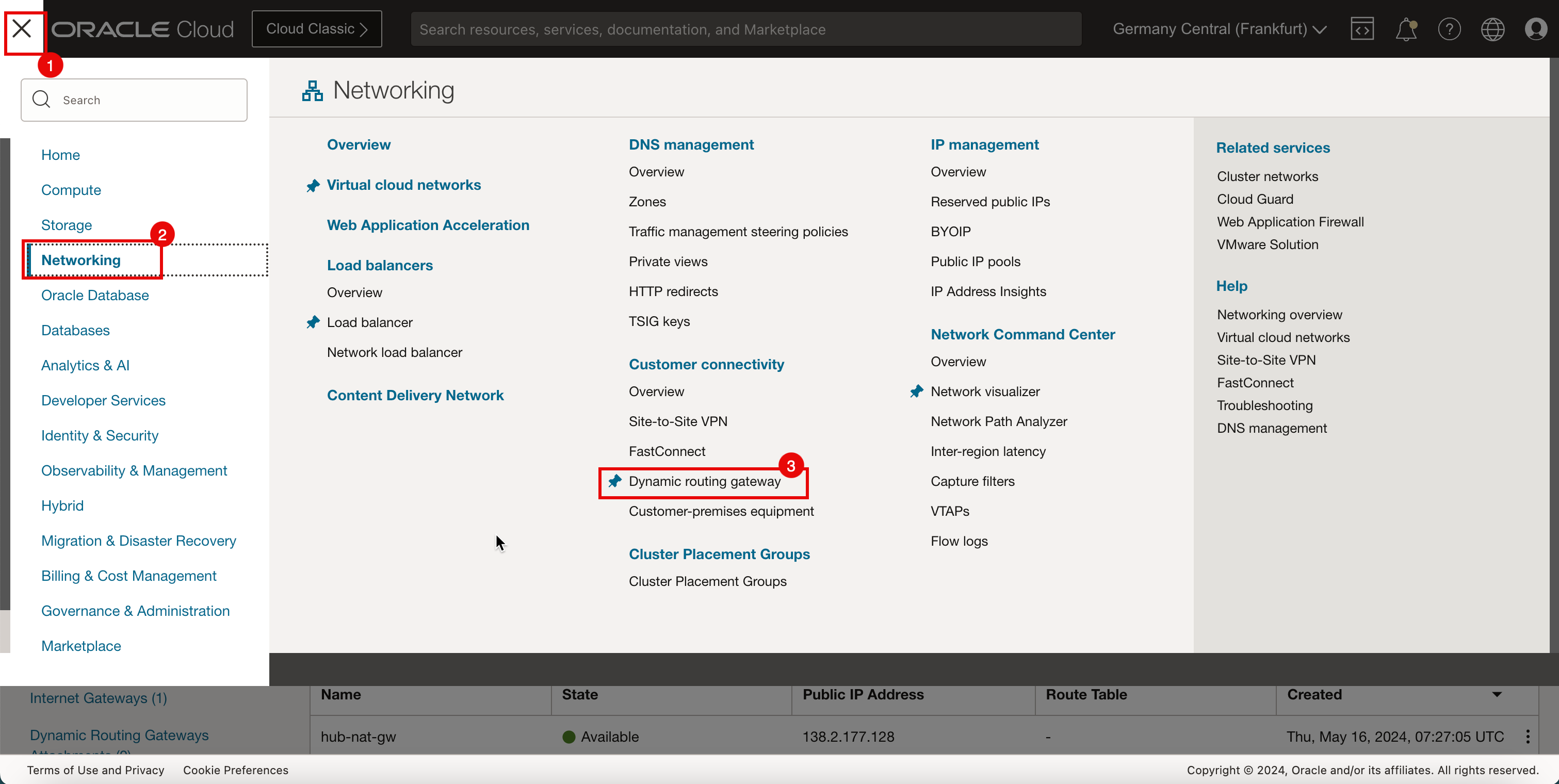

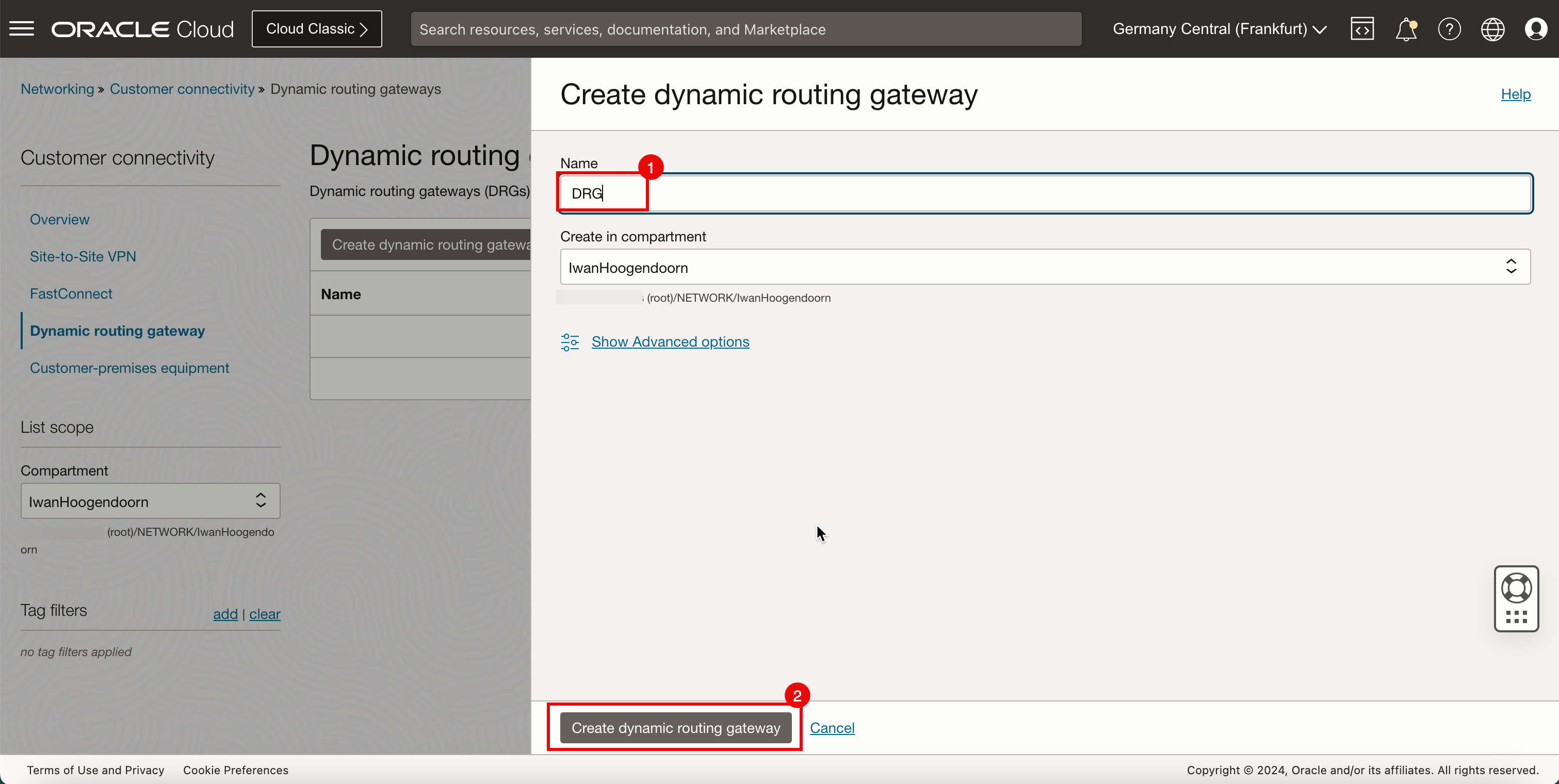

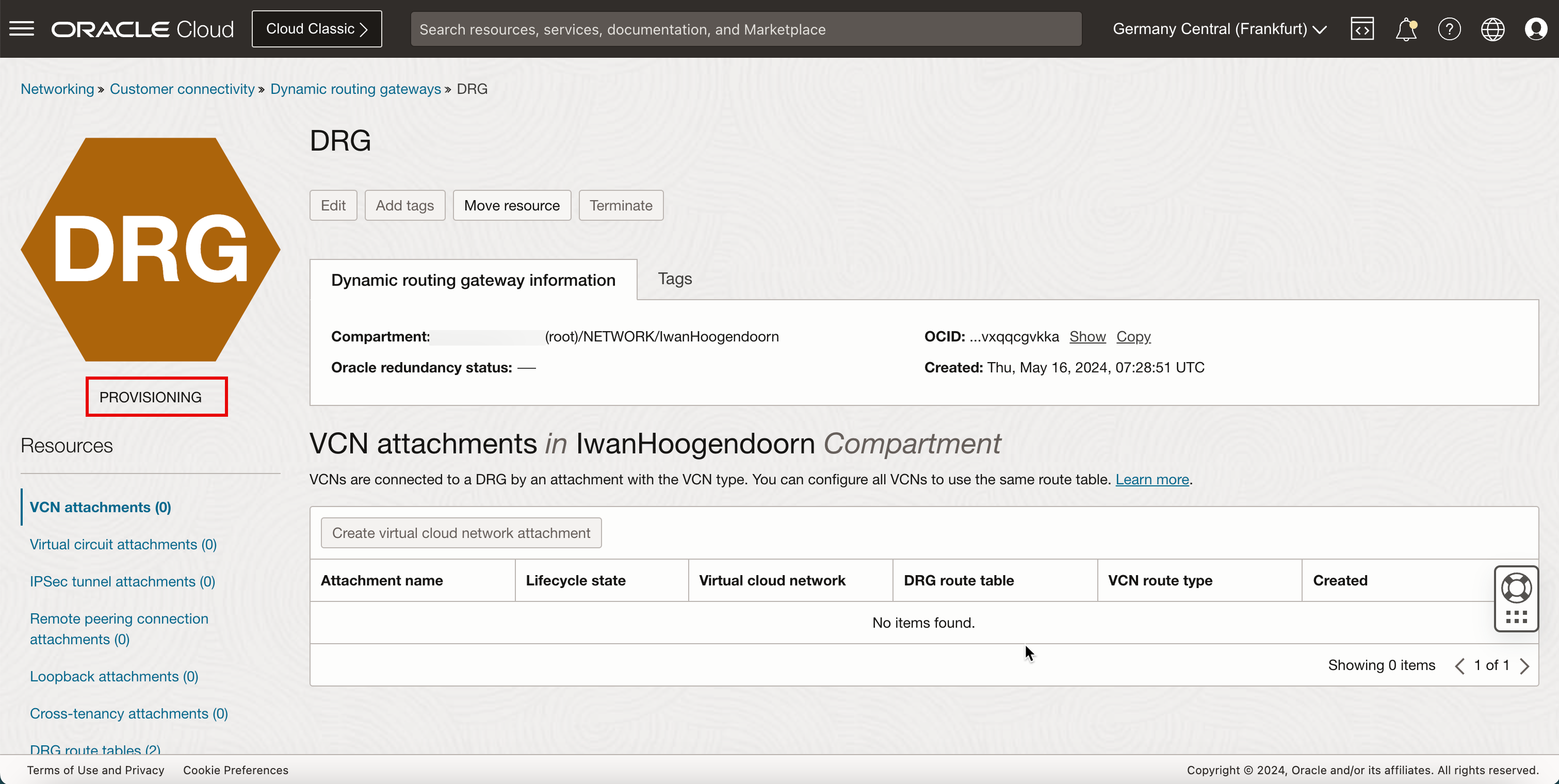

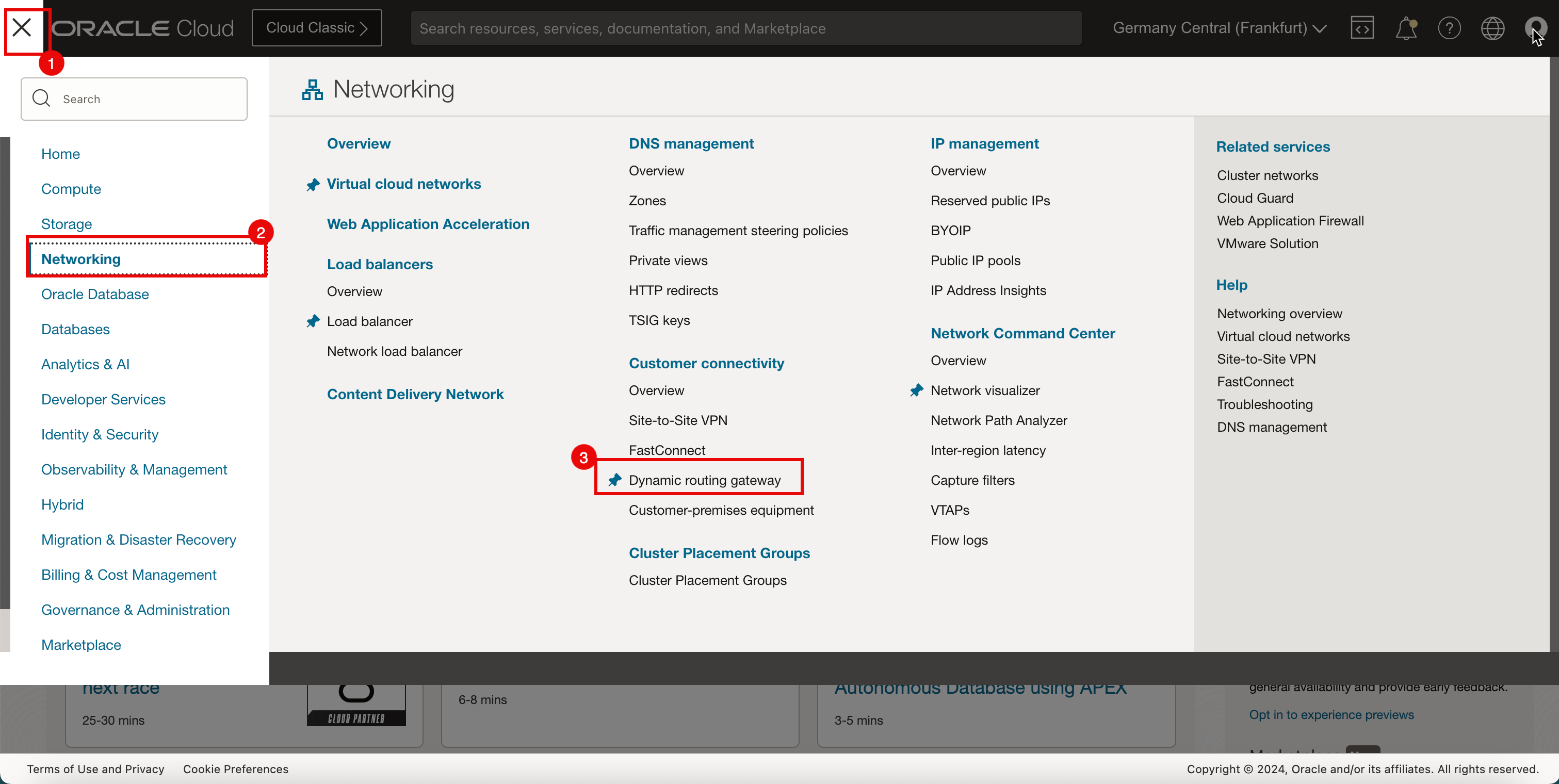

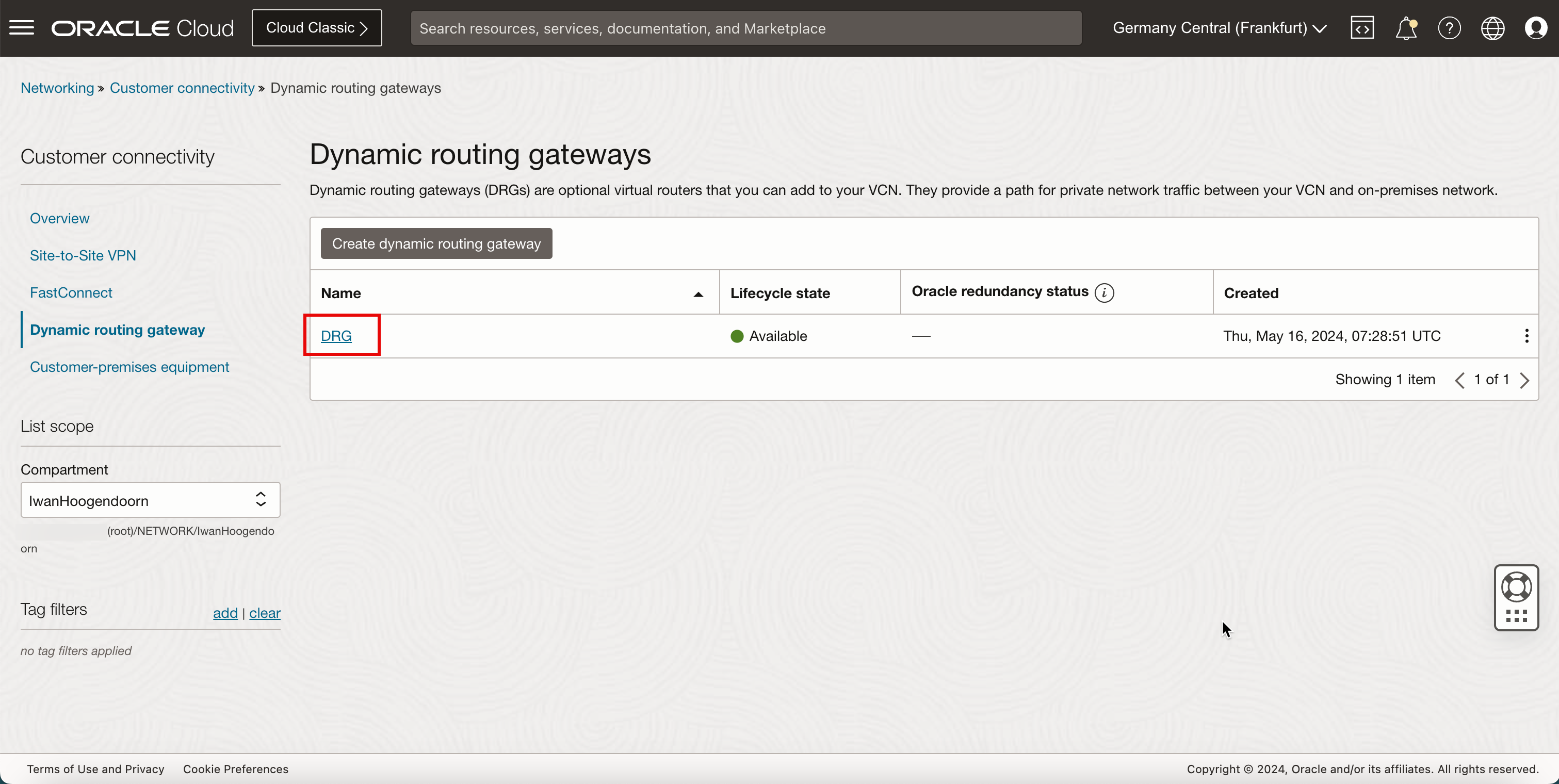

Creare il gateway di instradamento dinamico (DRG).

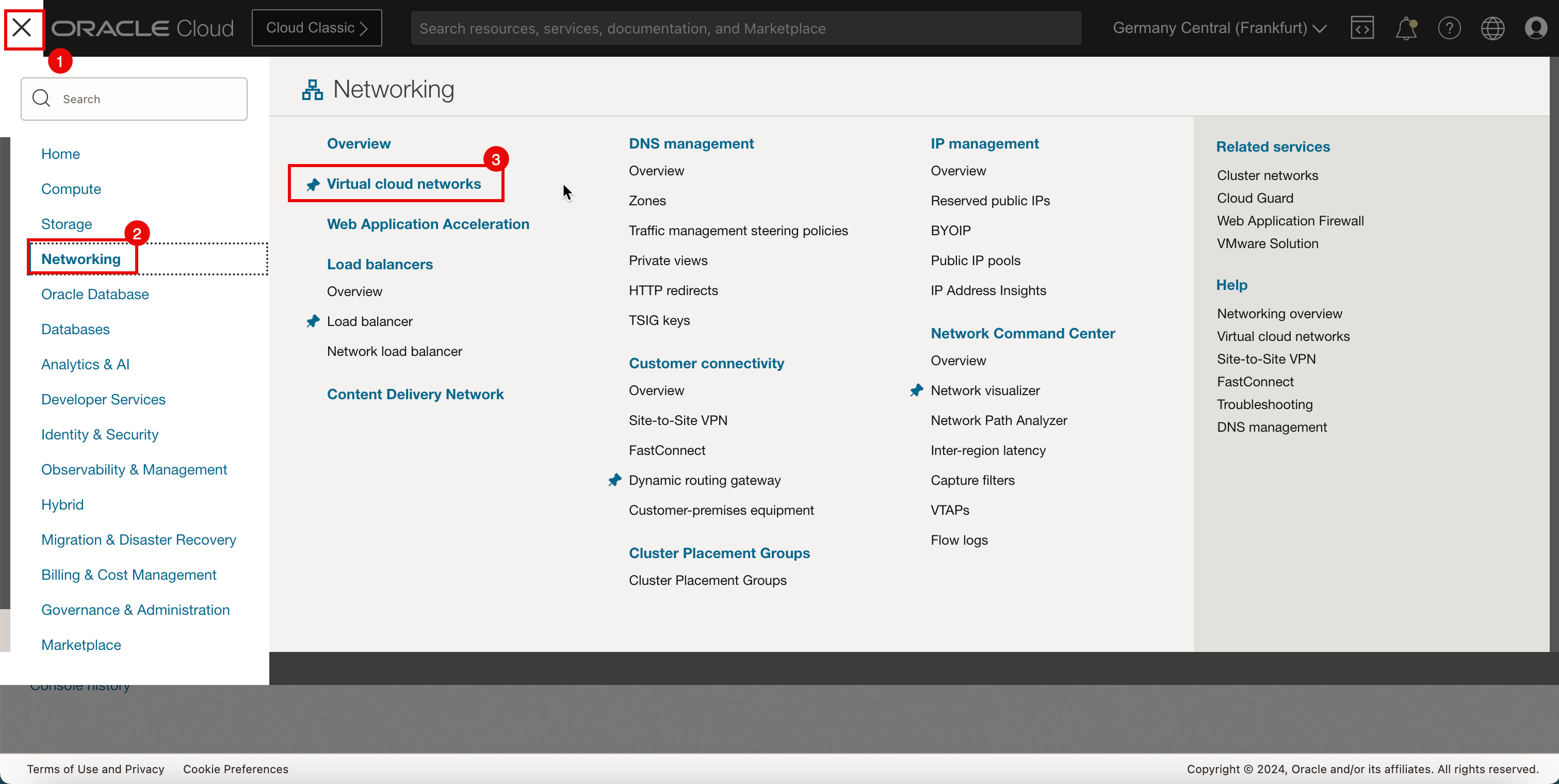

- Clicca sull'icona del menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Gateway di instradamento dinamico.

-

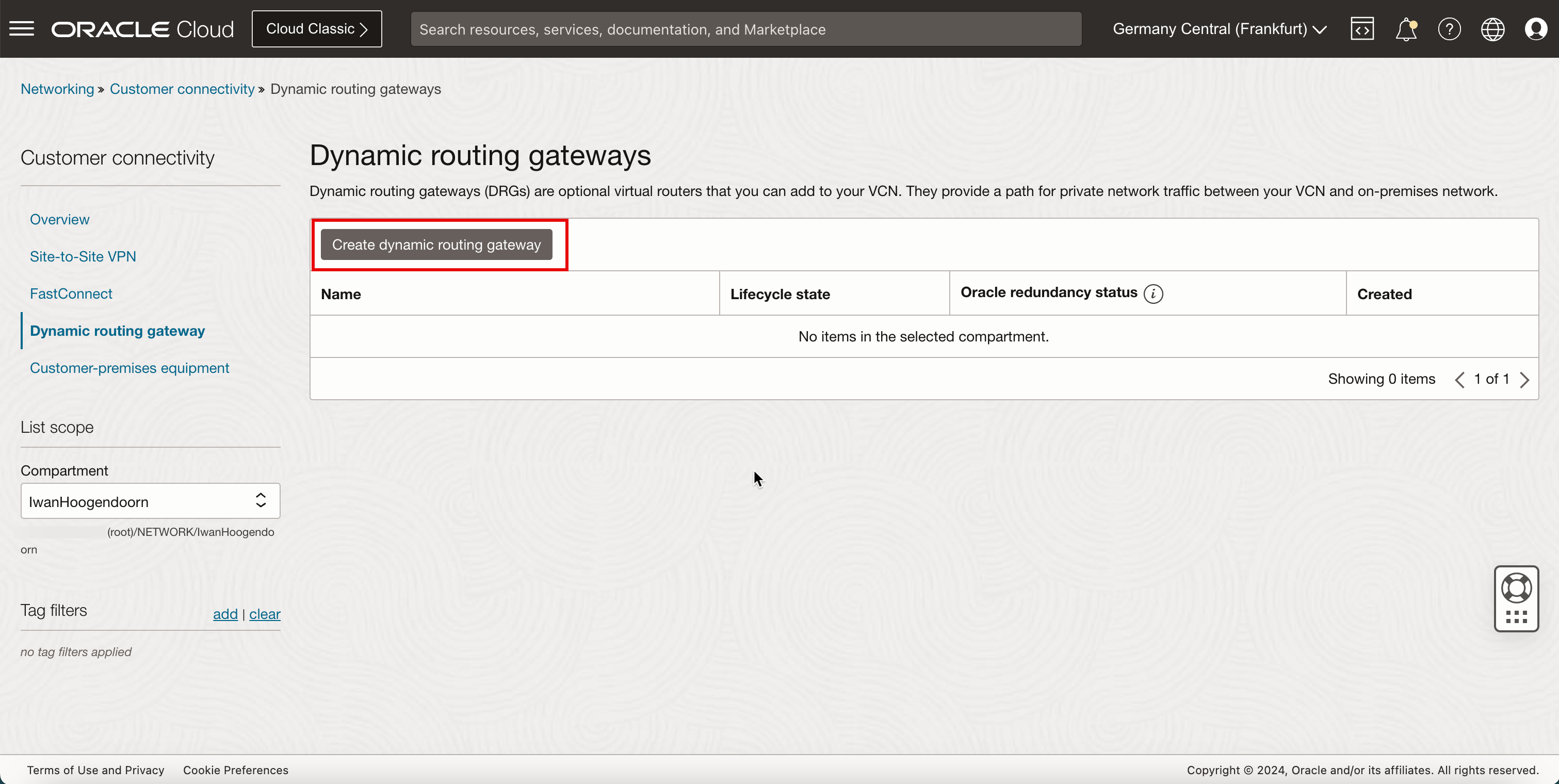

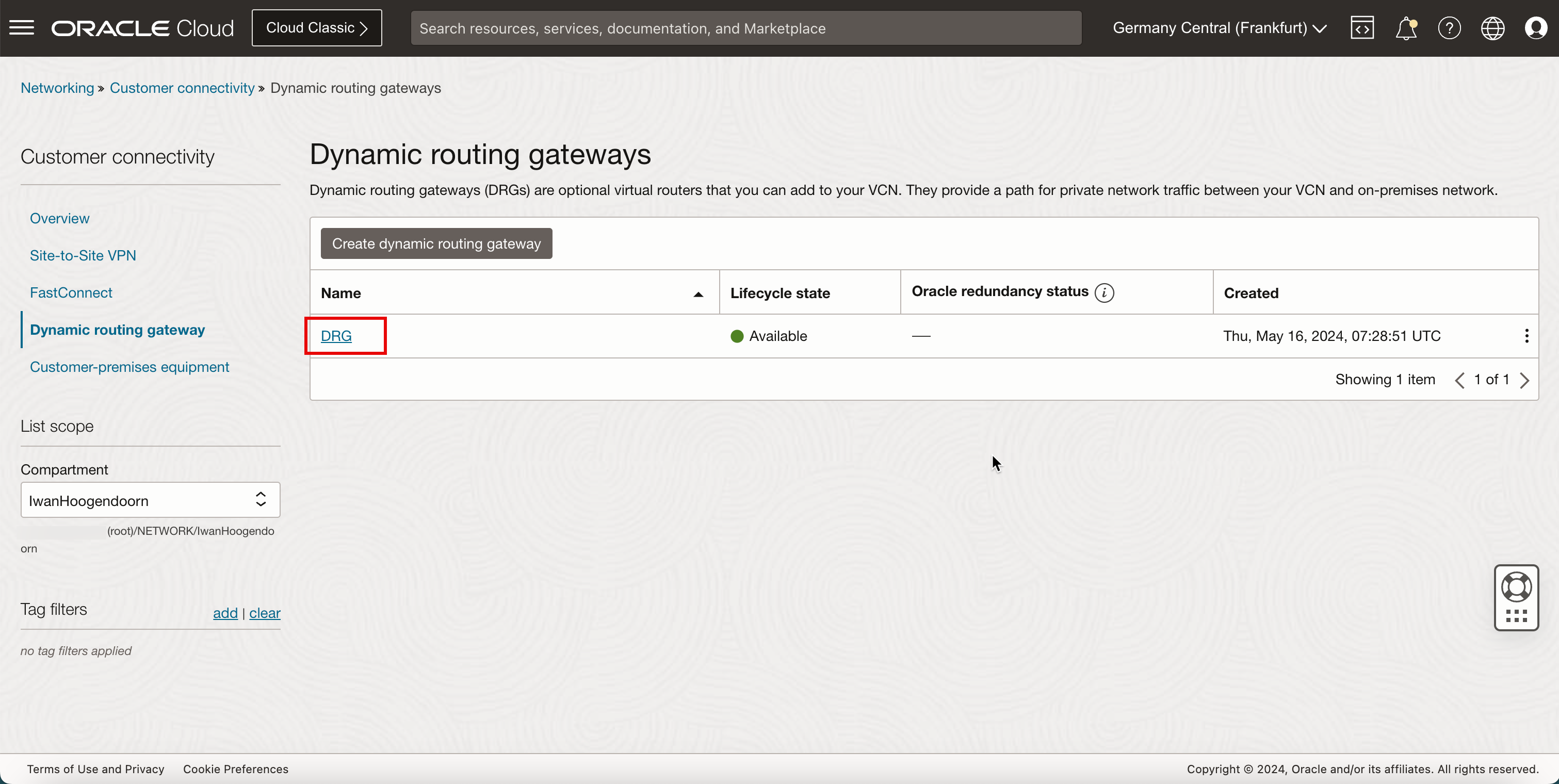

Fare clic su Crea gateway di instradamento dinamico.

- Immettere il nome del gateway di instradamento dinamico.

- Fare clic su Crea gateway di instradamento dinamico.

- Si noti che lo stato è PROVISIONING.

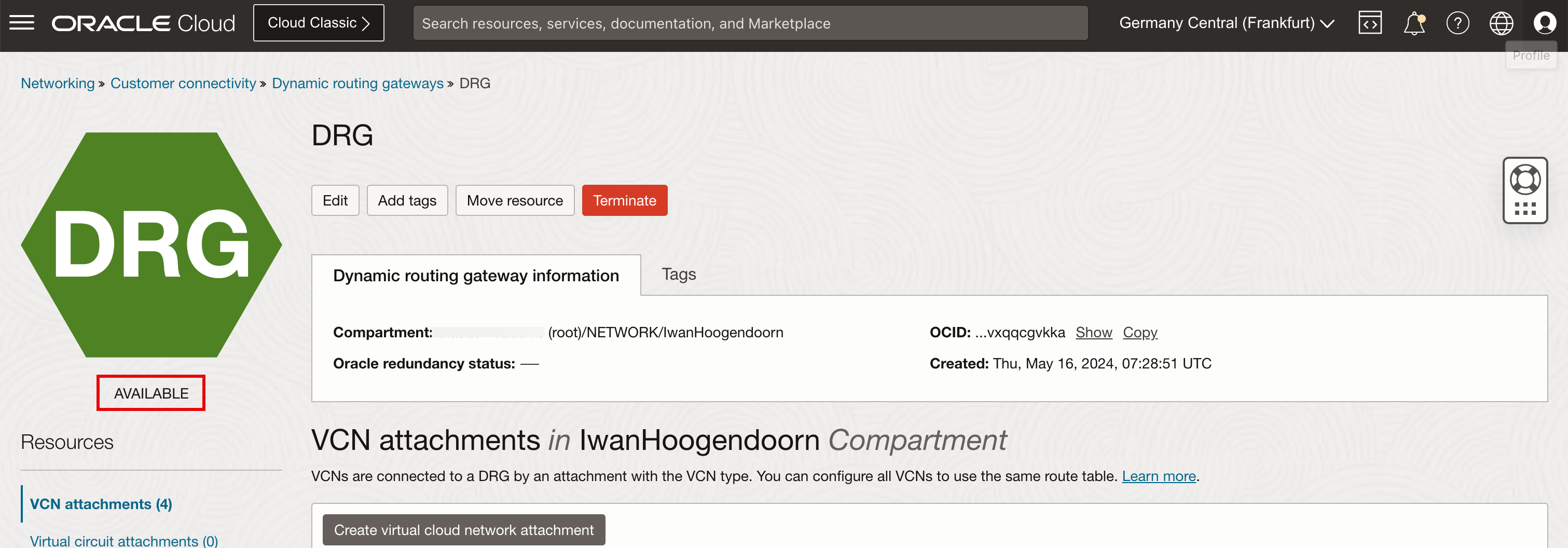

-

Si noti che lo stato viene modificato in AVAILABLE.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 4: Aggiungi istanze collegate a subnet diverse all'interno di tutte le VCN

Aggiungeremo varie istanze di OCI Compute in tutte le VCN in modo da poter testare i flussi di instradamento.

Crea istanza nella VCN dell'hub

Nella VCN hub verrà creata un'istanza di computazione Windows che avrà due funzioni principali:

-

L'istanza di Windows fungerà da computer stepstone per accedere alle altre istanze all'interno del nostro ambiente OCI.

-

L'istanza di Windows sarà anche un endpoint di rete che può essere utilizzato per il test dei flussi di instradamento.

Istanza di Windows come pietra del passo

Per creare un'istanza di Windows (hub-step-stone) che possa fungere da trampolino di lancio all'interno del tuo ambiente OCI, usa Distribuisci un'istanza di Windows in Oracle Cloud Infrastructure.

Nota: creare l'istanza di Windows (hub-step-stone) prima di continuare con l'esercitazione.

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Crea istanza nella VCN spoke A dell'hub

Nella VCN A spoke creeremo una semplice istanza Linux che fungerà da endpoint di rete che possiamo utilizzare per testare i nostri flussi di instradamento.

Ha spoke un'istanza client

-

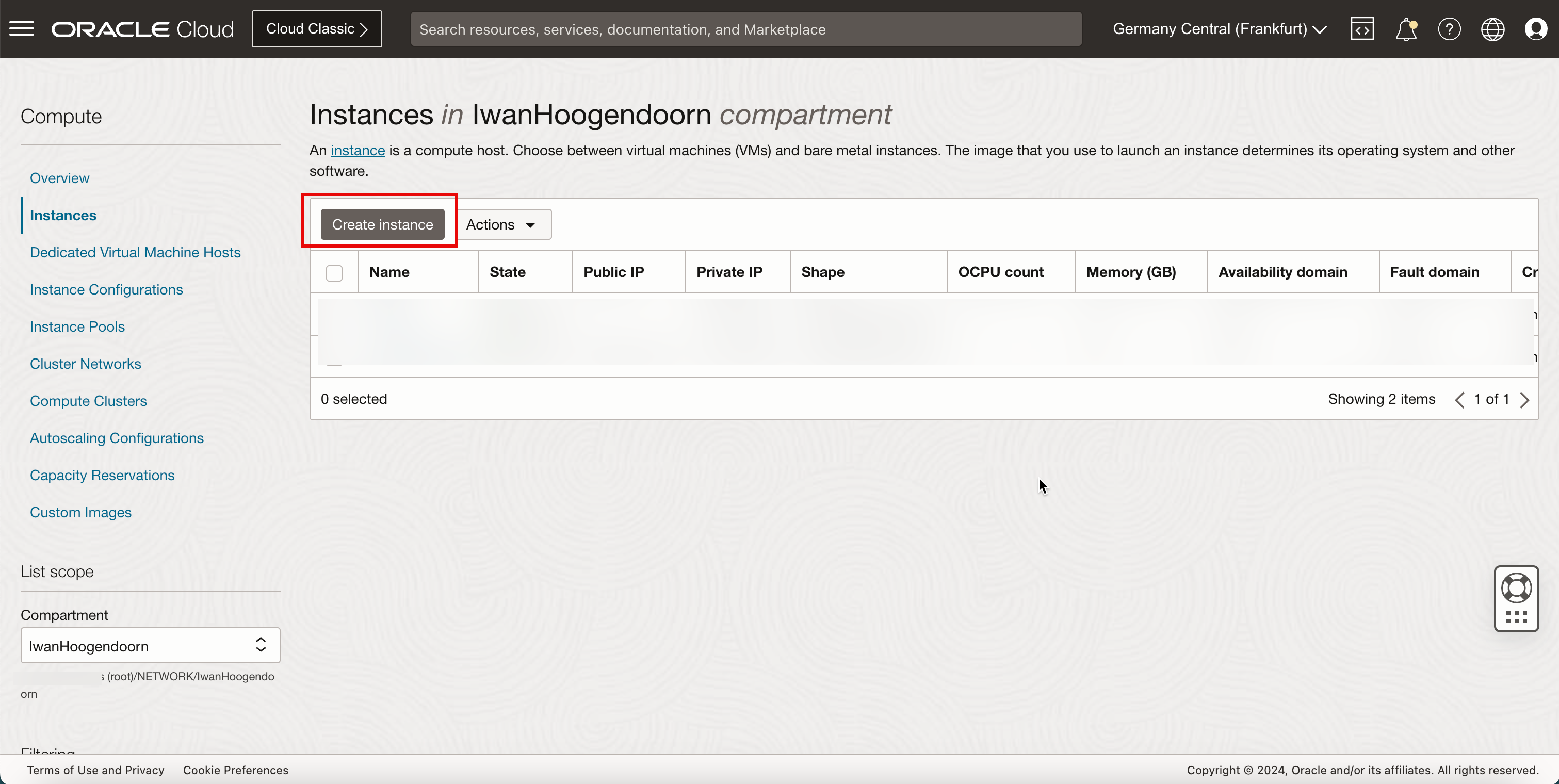

Creare un'istanza.

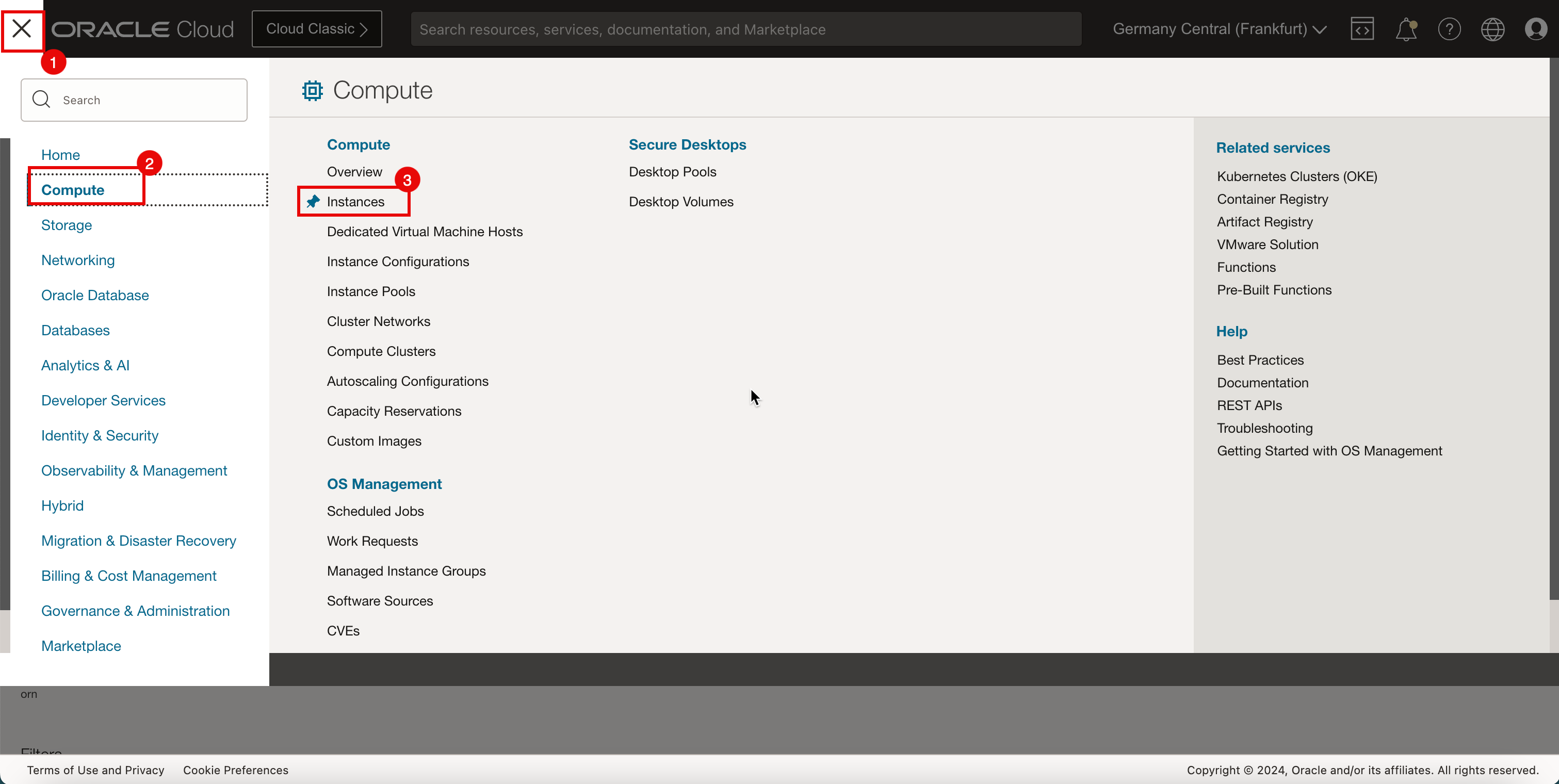

- Clicca sull'icona del menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Compute.

- Fare clic su Istanze.

-

Fare clic su Crea istanza.

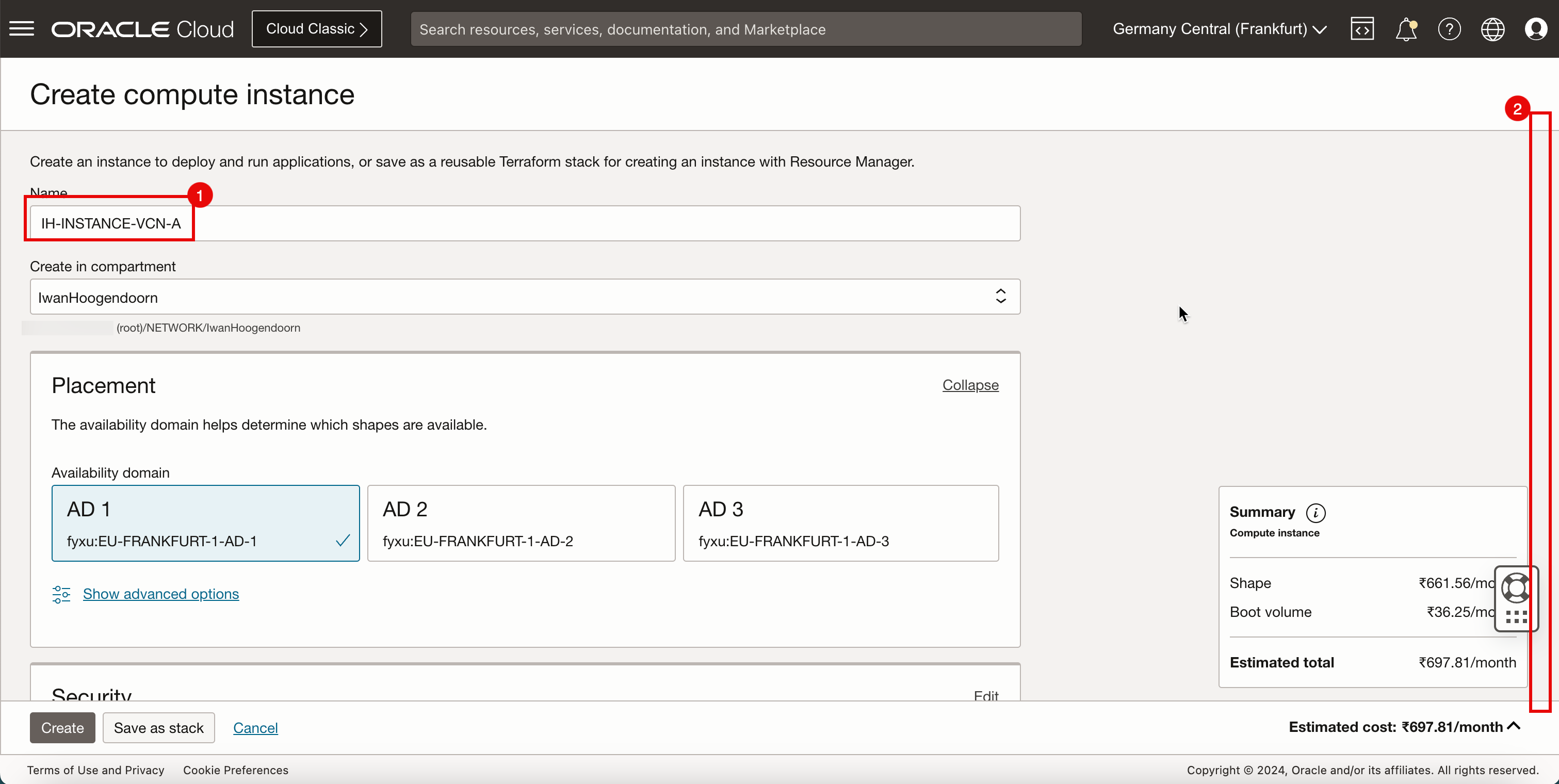

- Immettere il nome dell'istanza.

- scorrere in Basso.

-

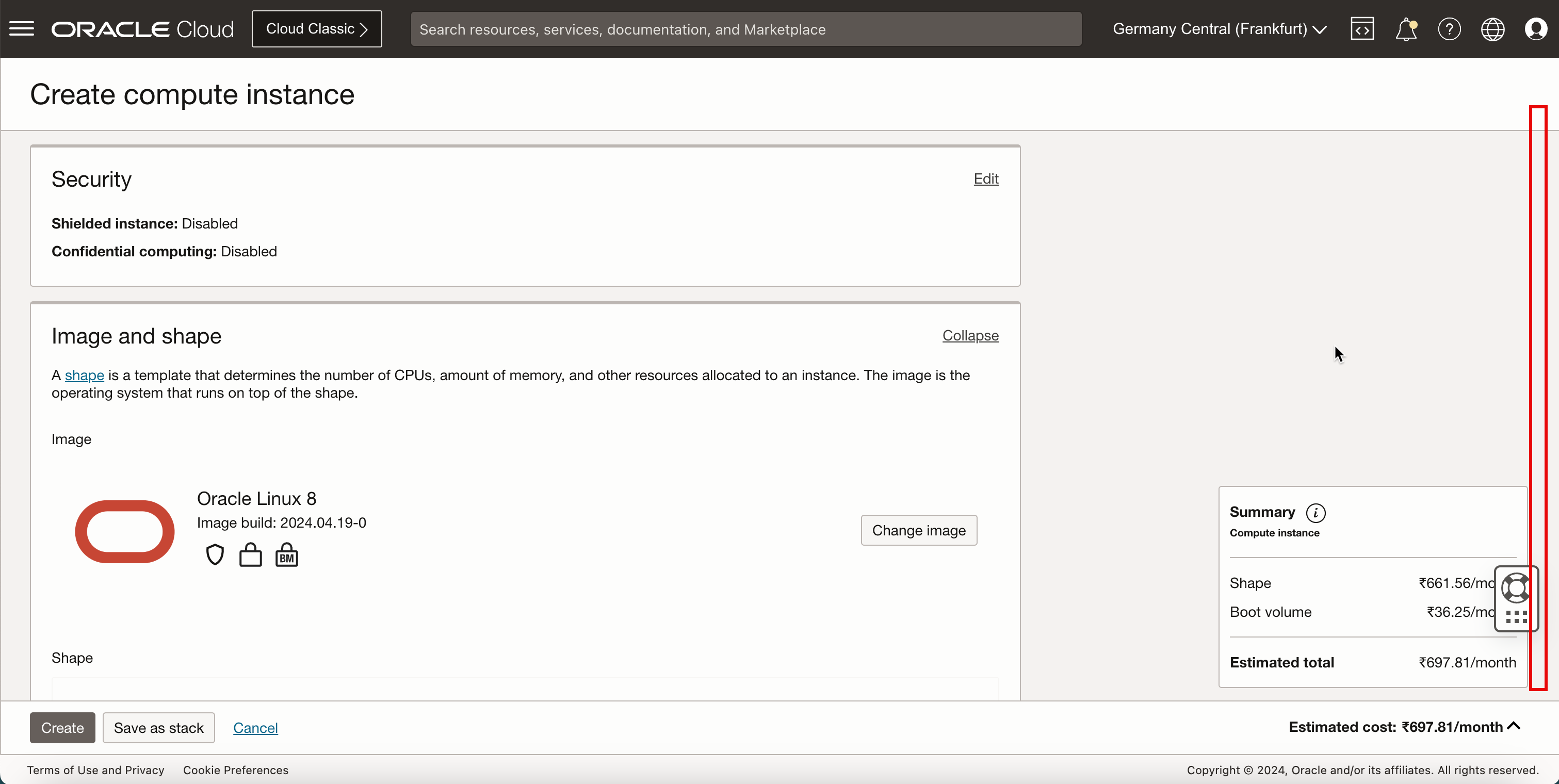

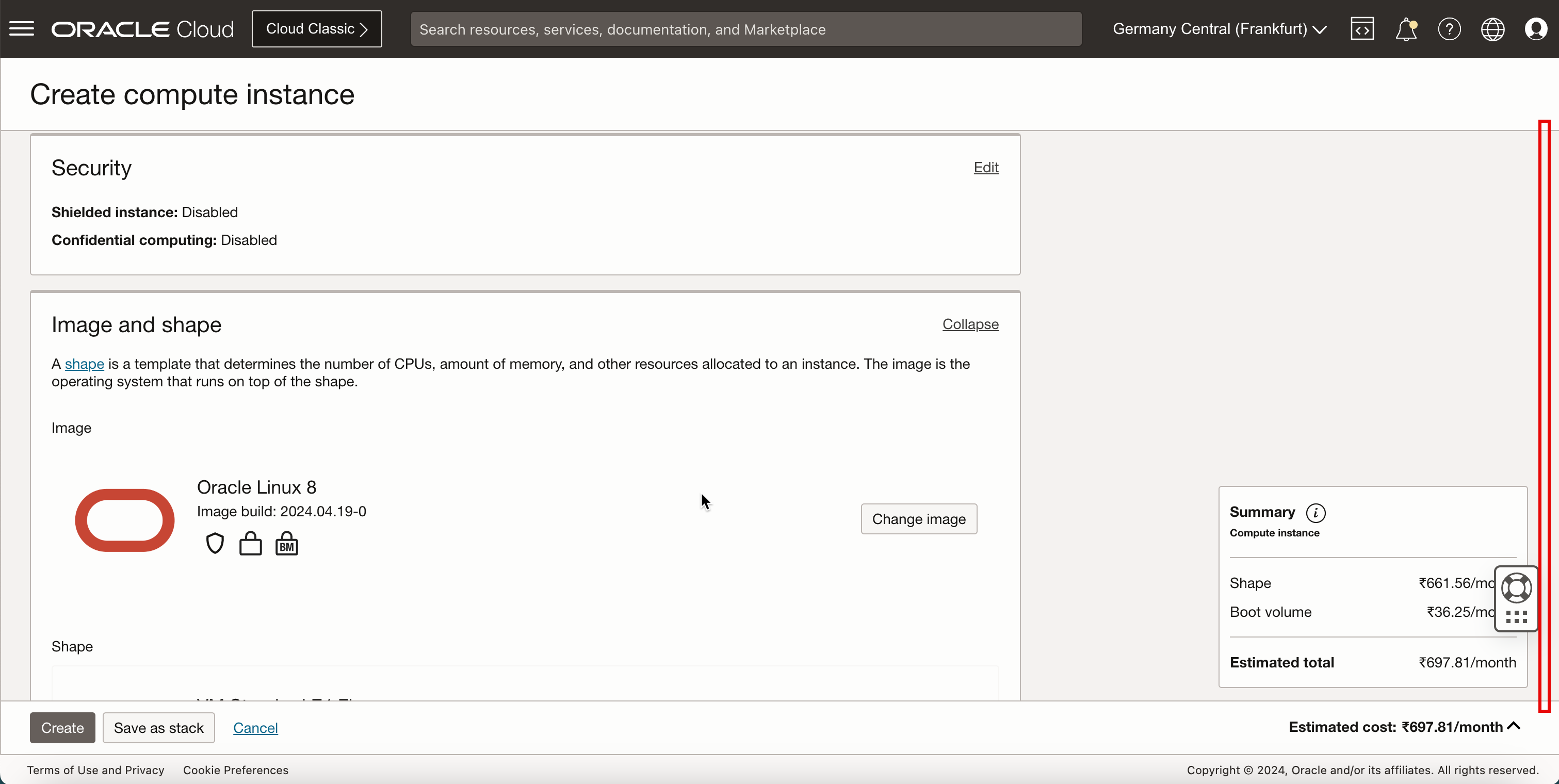

scorrere in Basso.

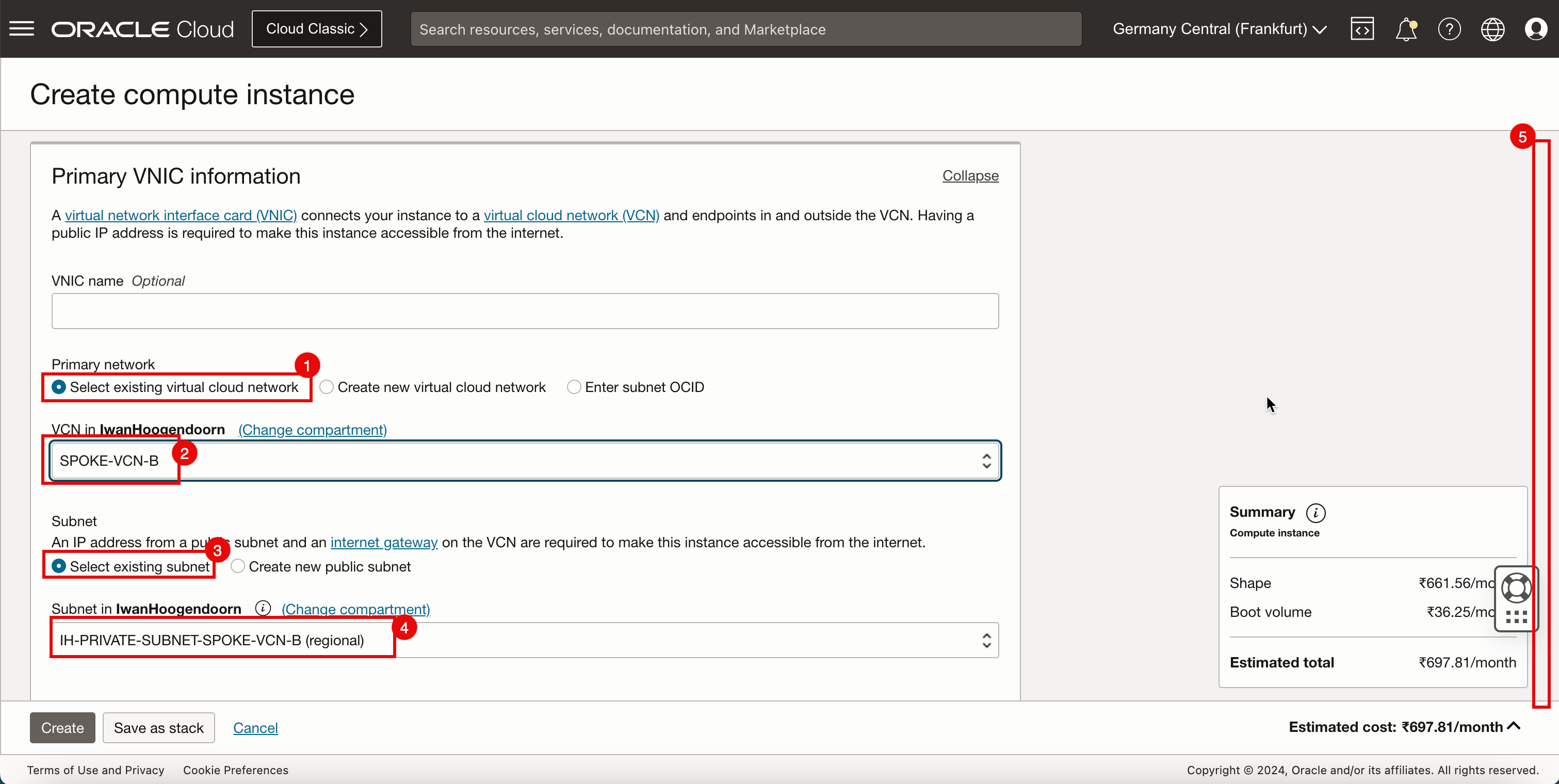

- In Rete primaria, selezionare Seleziona rete cloud virtuale esistente.

- Nella VCN selezionare SPOKE-VCN-A.

- In Subnet, selezionare Selezionare la subnet esistente.

- Selezionare Subnet privata dalla VCN A spoke.

- scorrere in Basso.

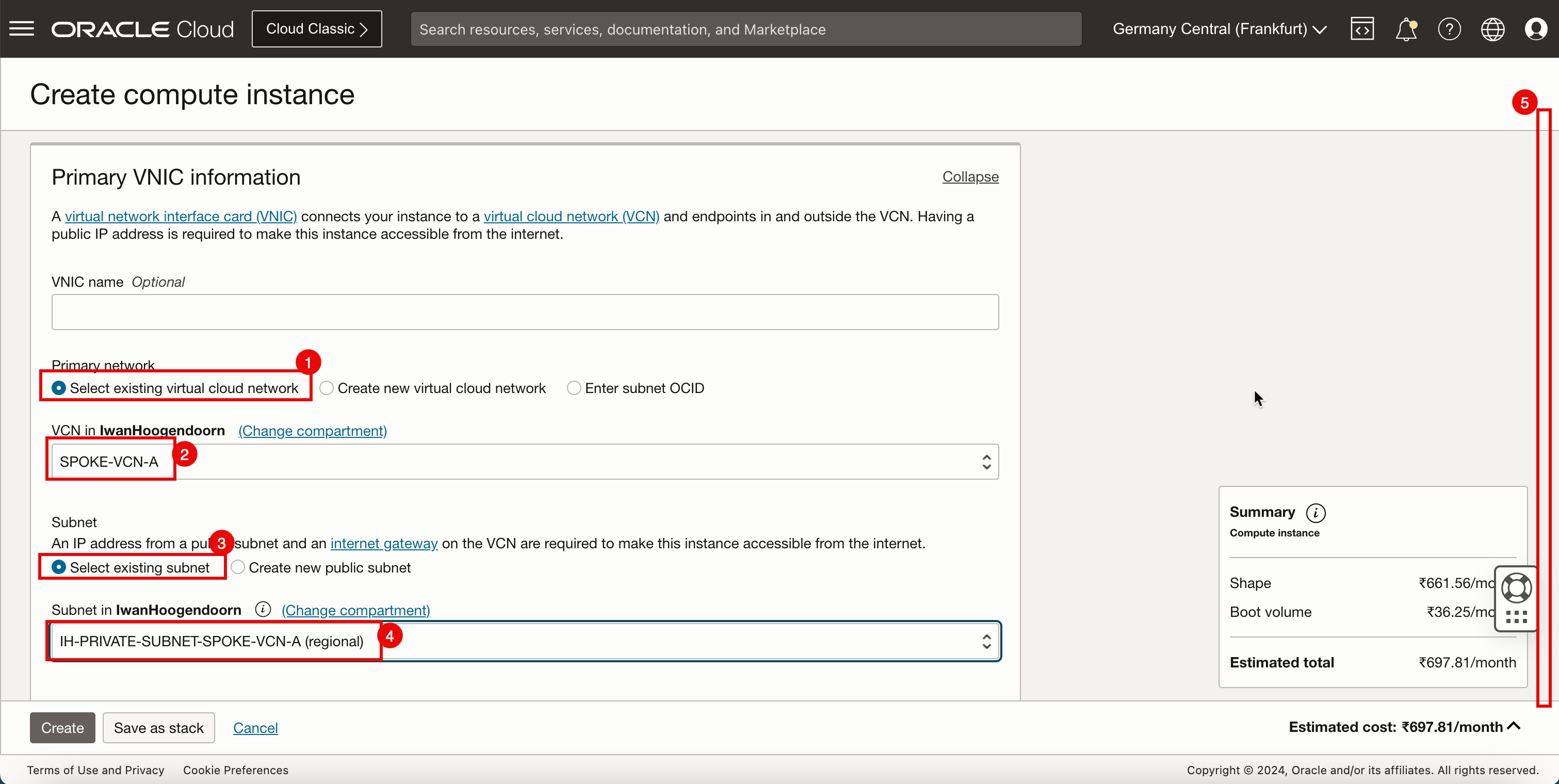

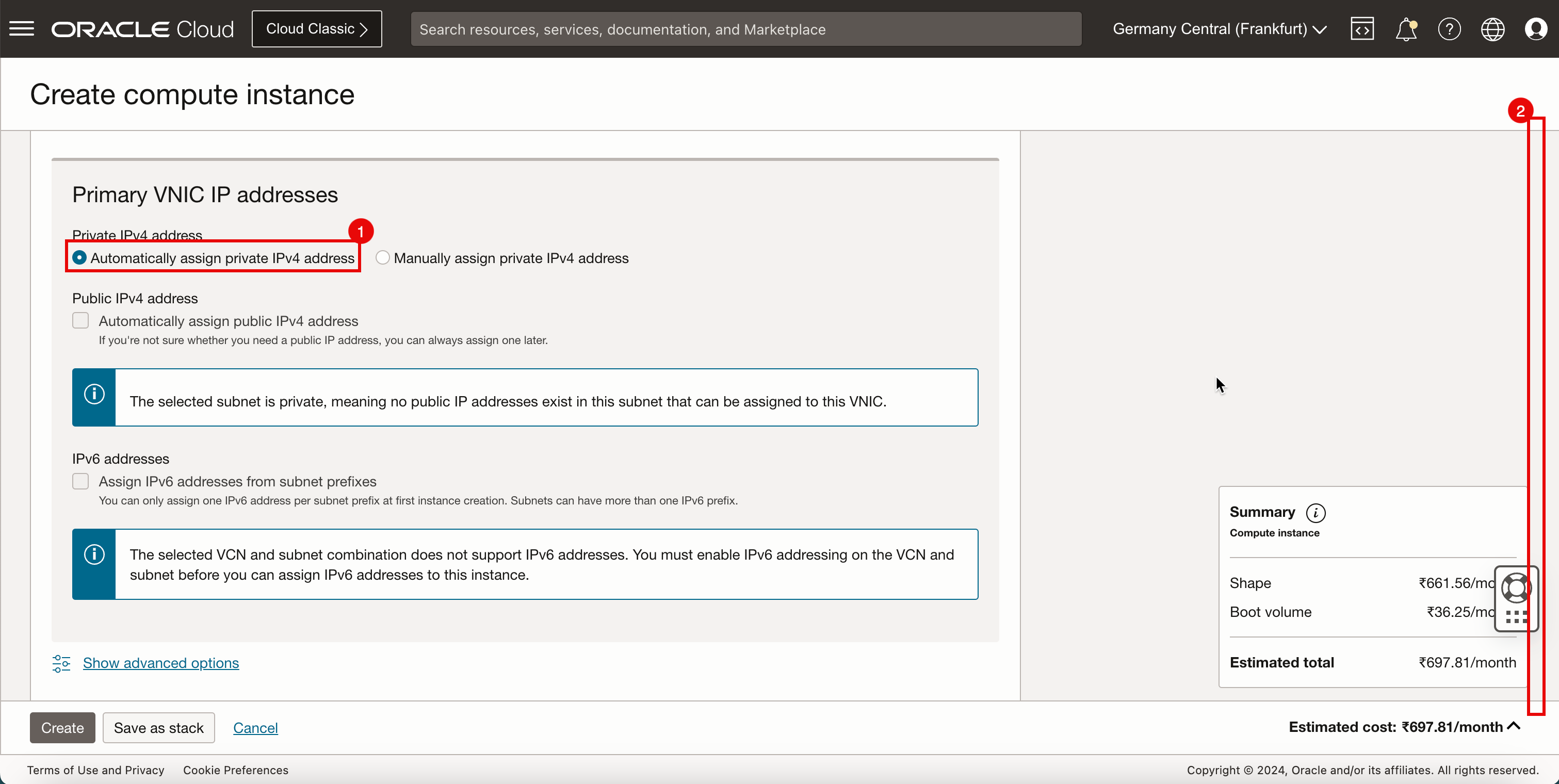

- In Indirizzo IPv4 privato, selezionare Assegna automaticamente indirizzo IPv4 privato.

- scorrere in Basso.

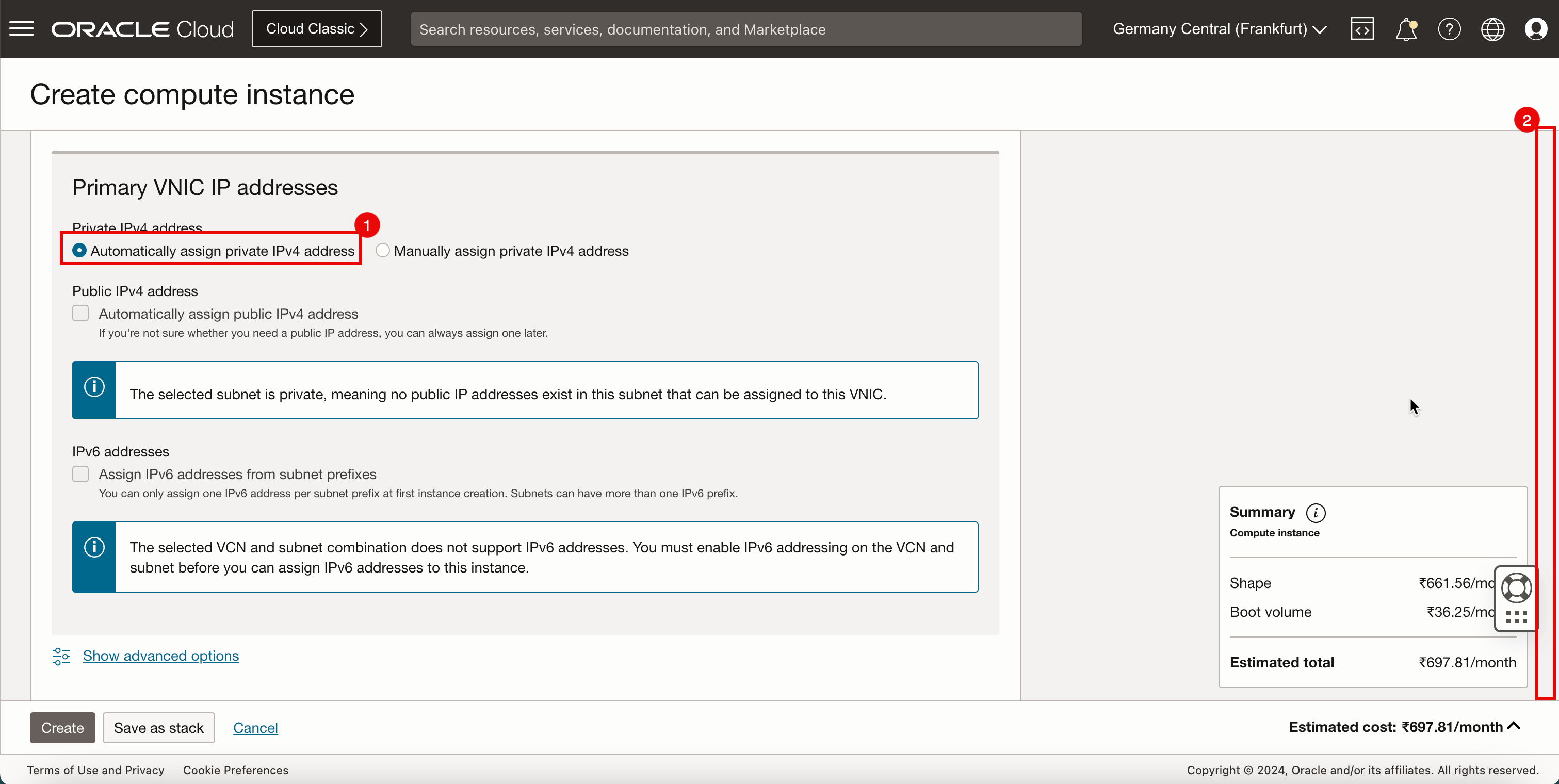

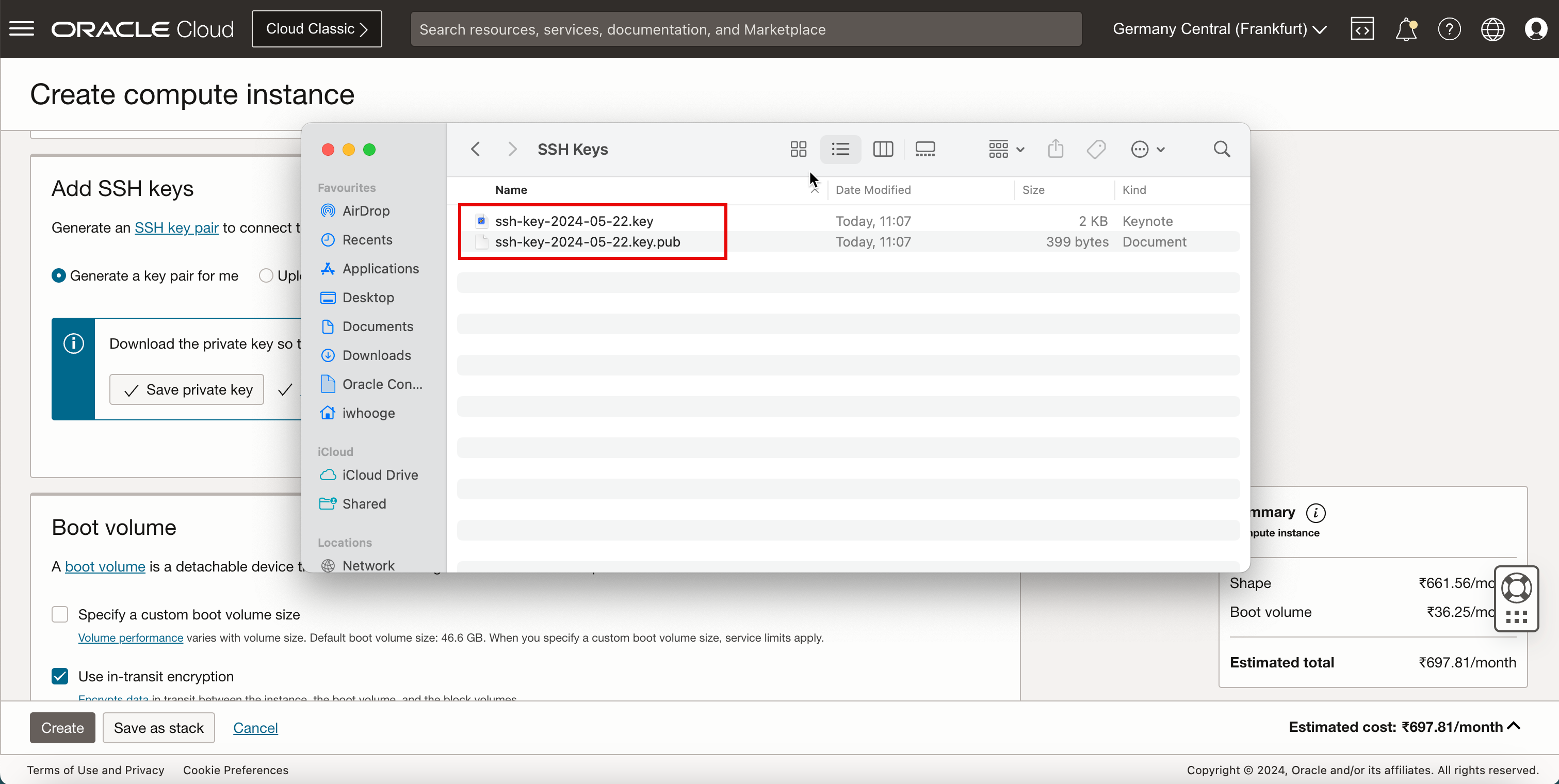

- In Aggiungi chiavi SSH selezionare Genera una coppia di chiavi per me.

- Fare clic su Salva chiave privata per salvare la chiave privata in locale.

- Fare clic su Salva chiave pubblica per salvare la chiave pubblica in locale.

-

Assicurati che le chiavi siano archiviate da qualche parte localmente.

Nota: per le altre istanze spoke verrà utilizzata la stessa coppia di chiavi.

-

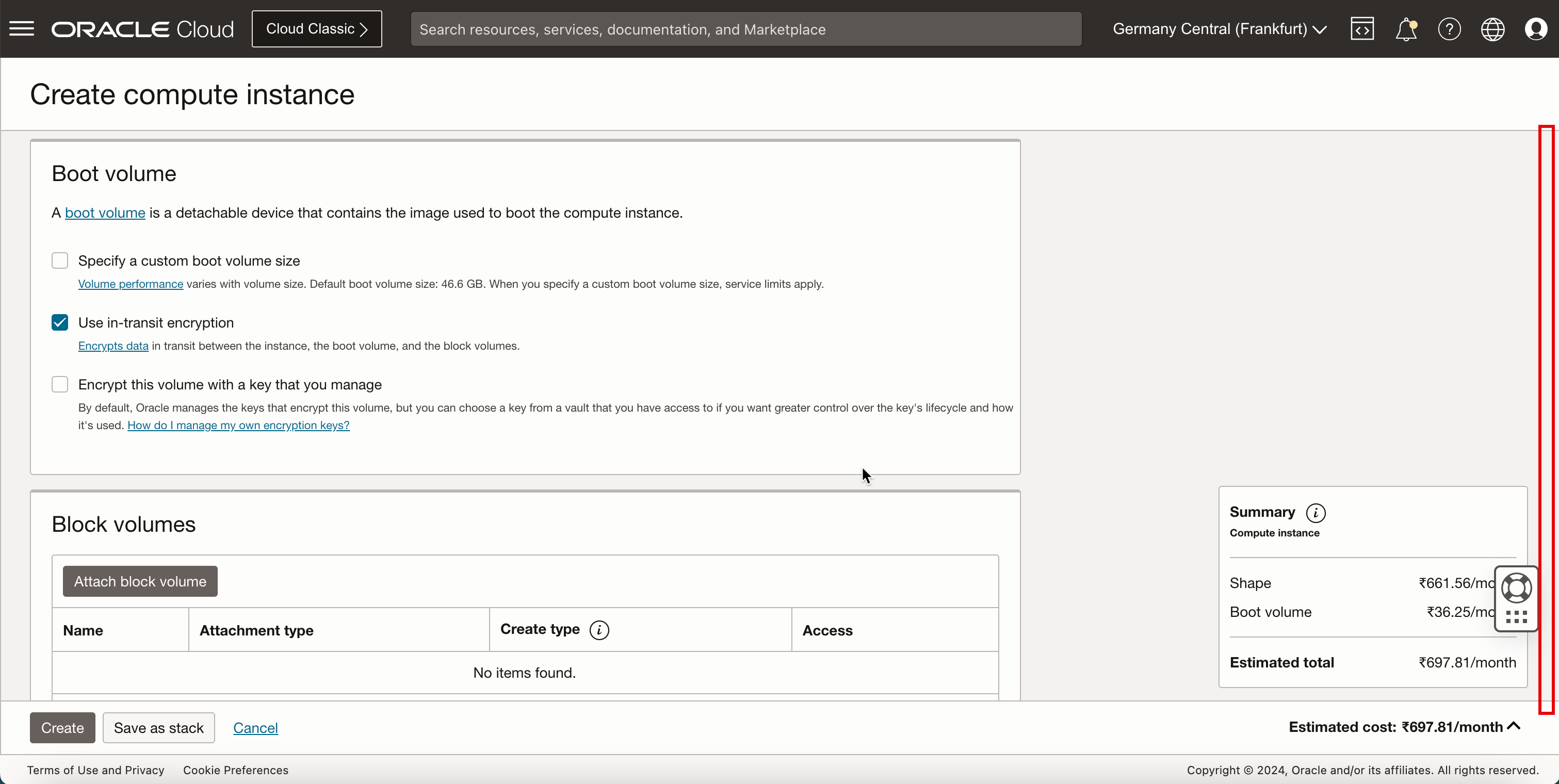

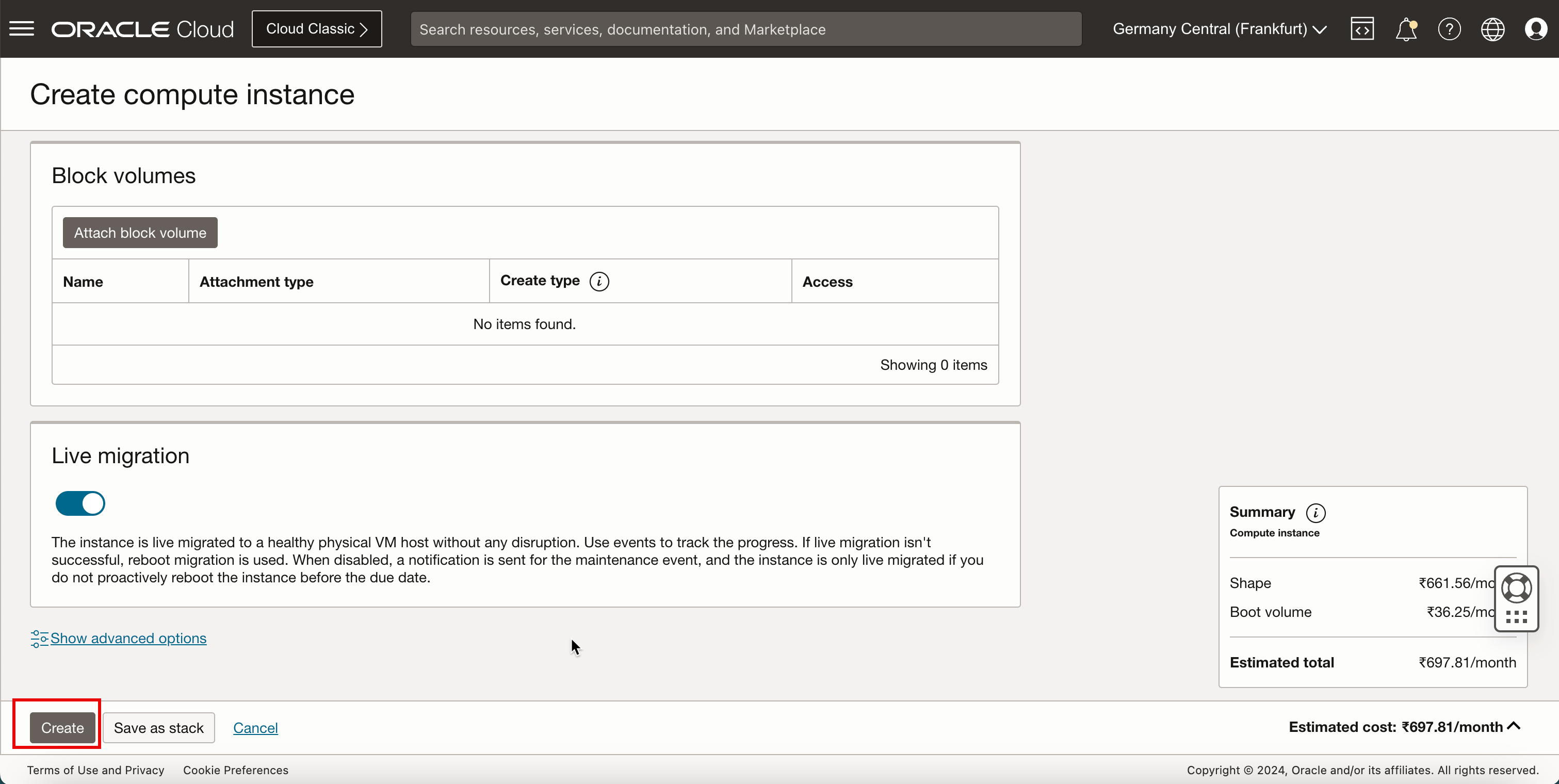

scorrere in Basso.

-

Fare clic su Crea.

-

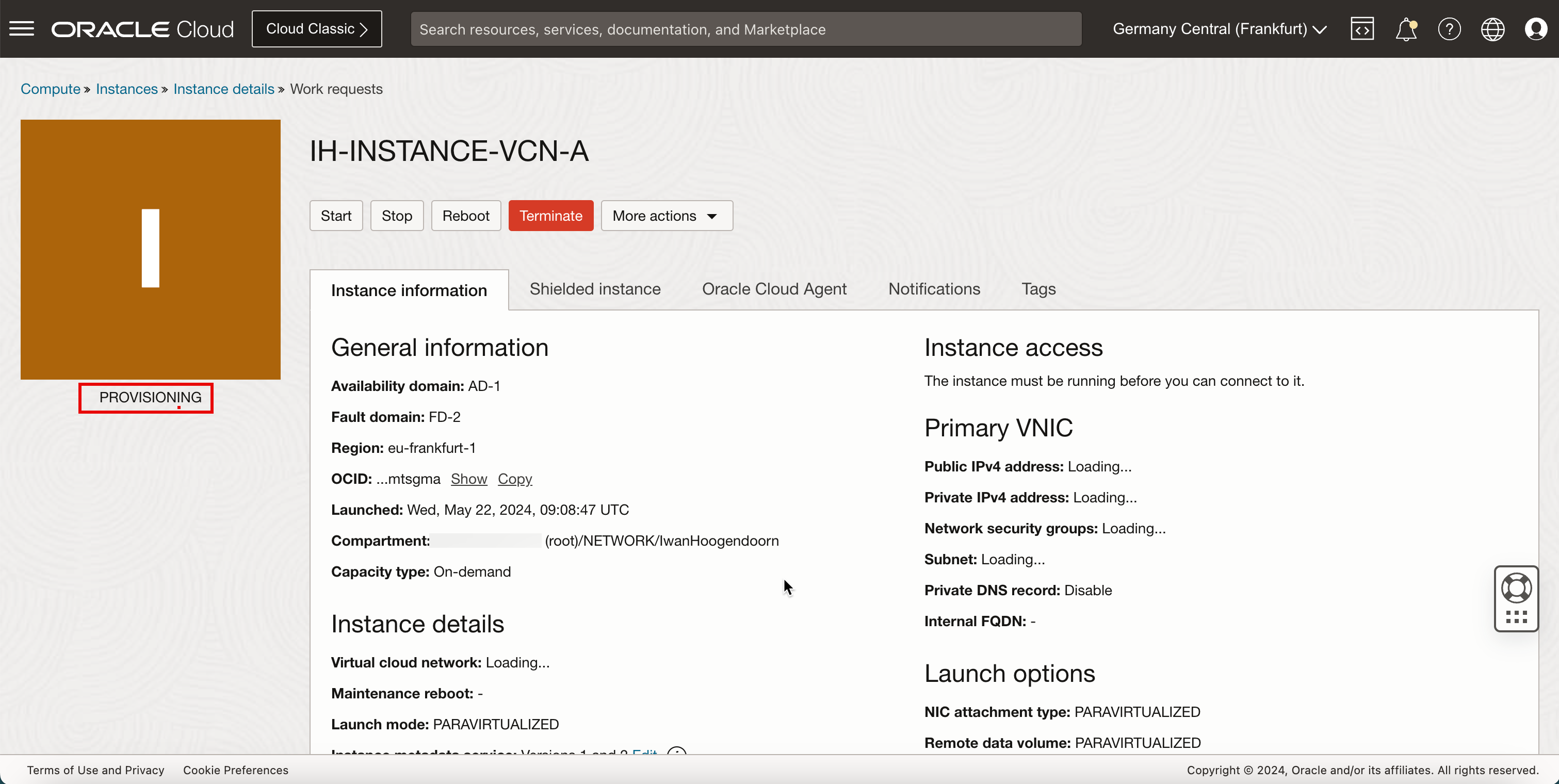

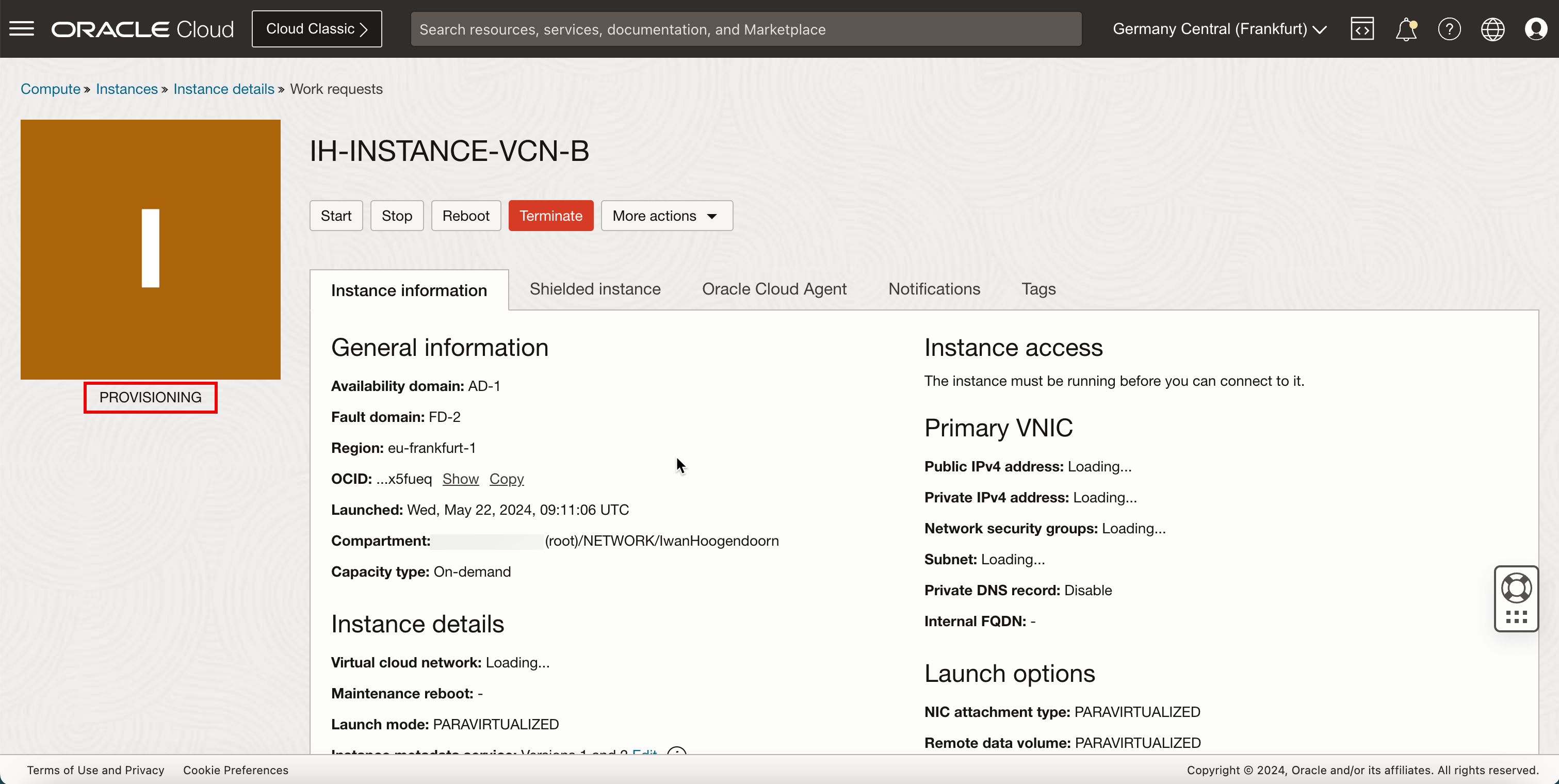

Si noti che lo stato è PROVISIONING.

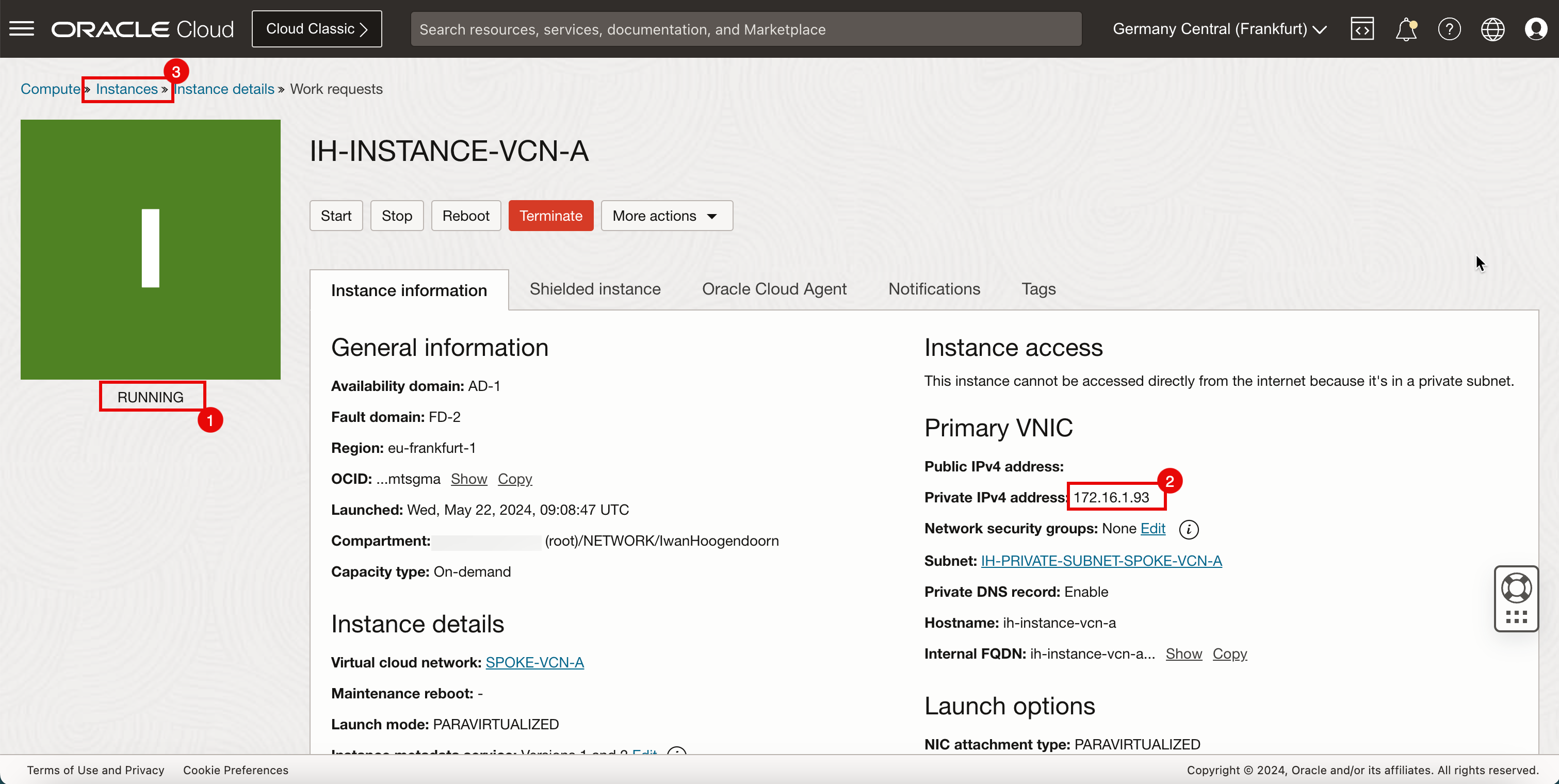

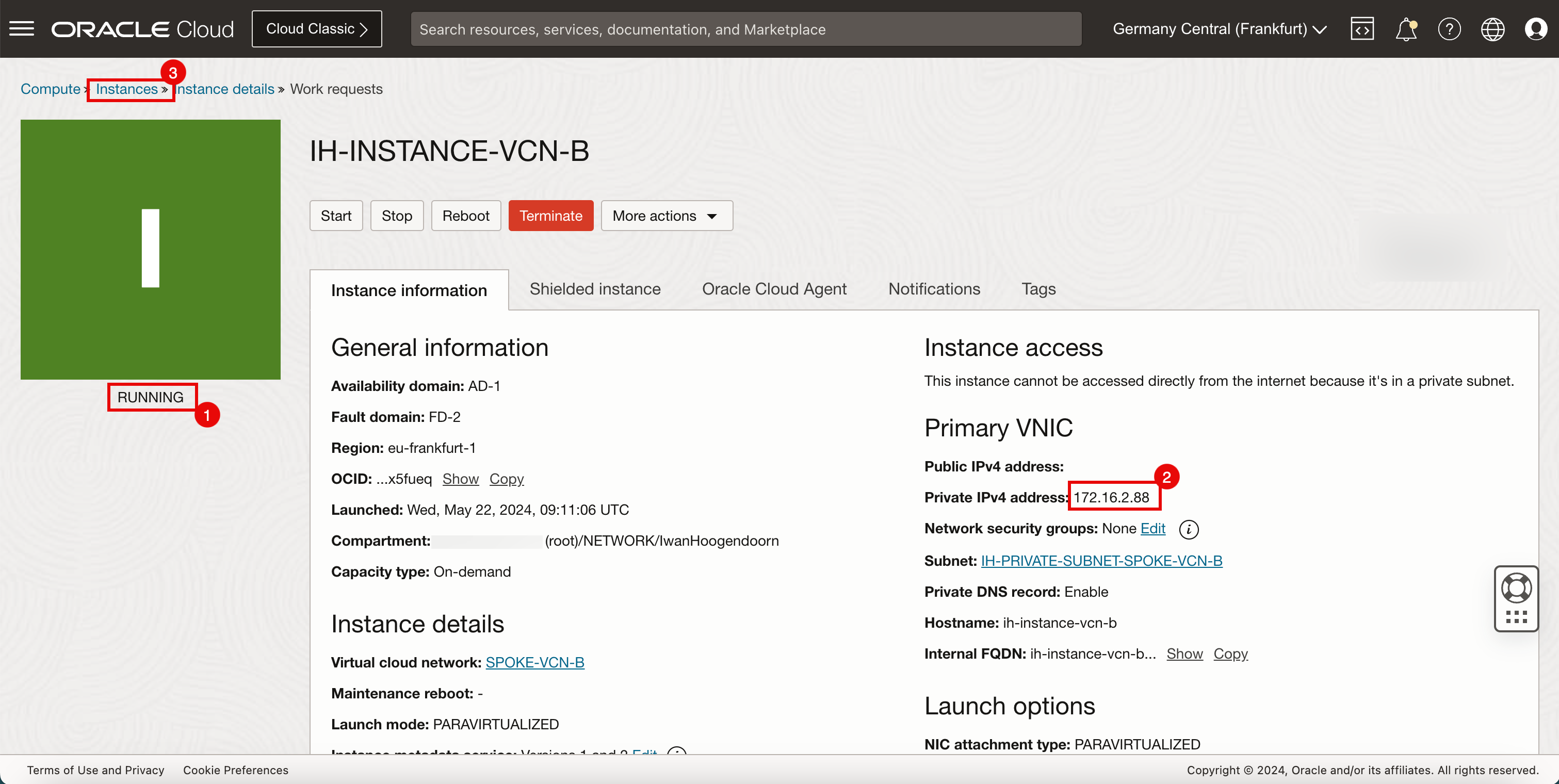

- Si noti che lo stato viene modificato in RUNNING.

- Prendere nota dell'indirizzo IP privato per uso futuro.

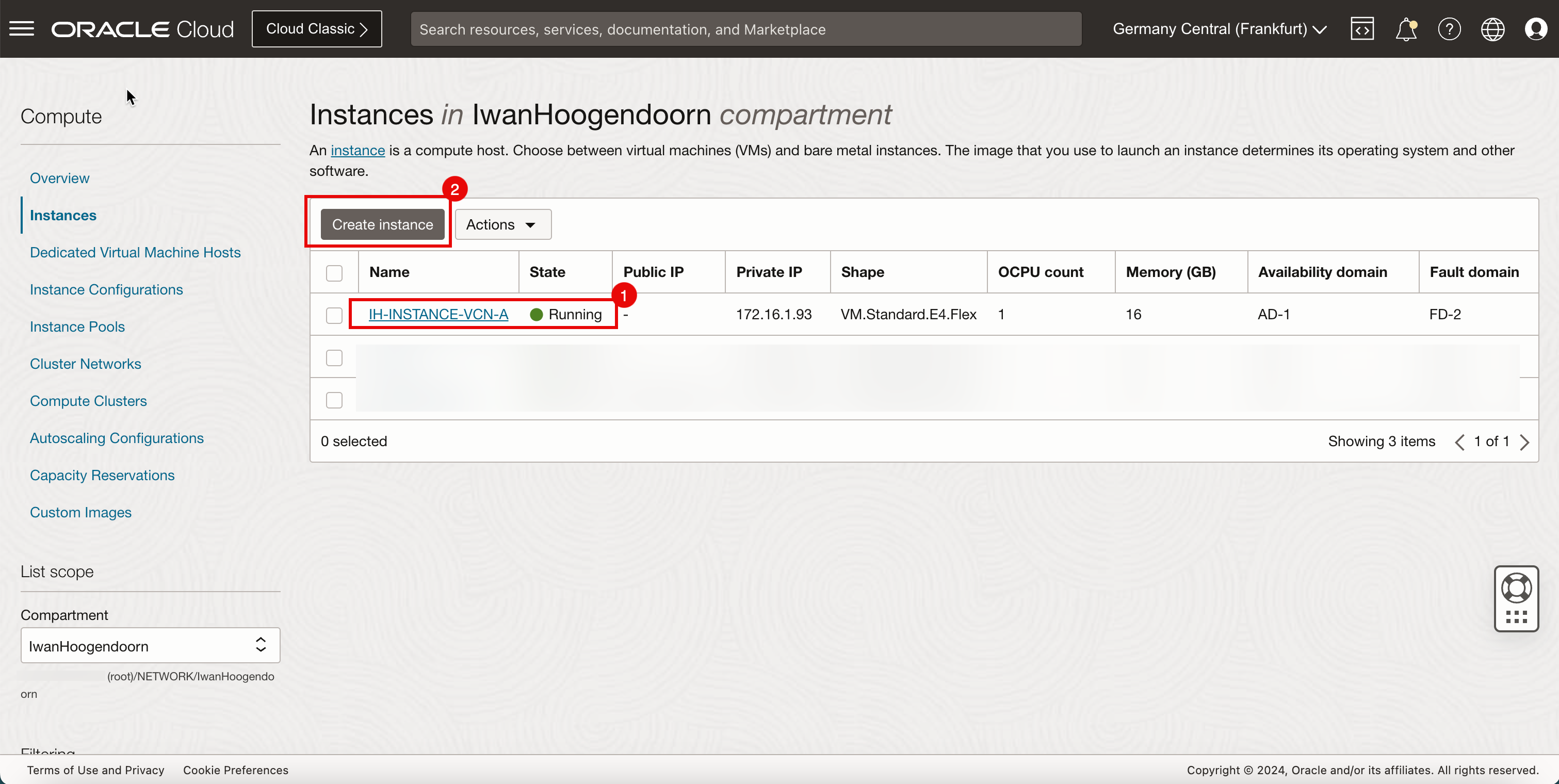

- Fare clic su Istanze per tornare alla pagina delle istanze.

- Si noti che l'istanza A è in esecuzione.

- Fare clic su Crea istanza per creare l'istanza successiva.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

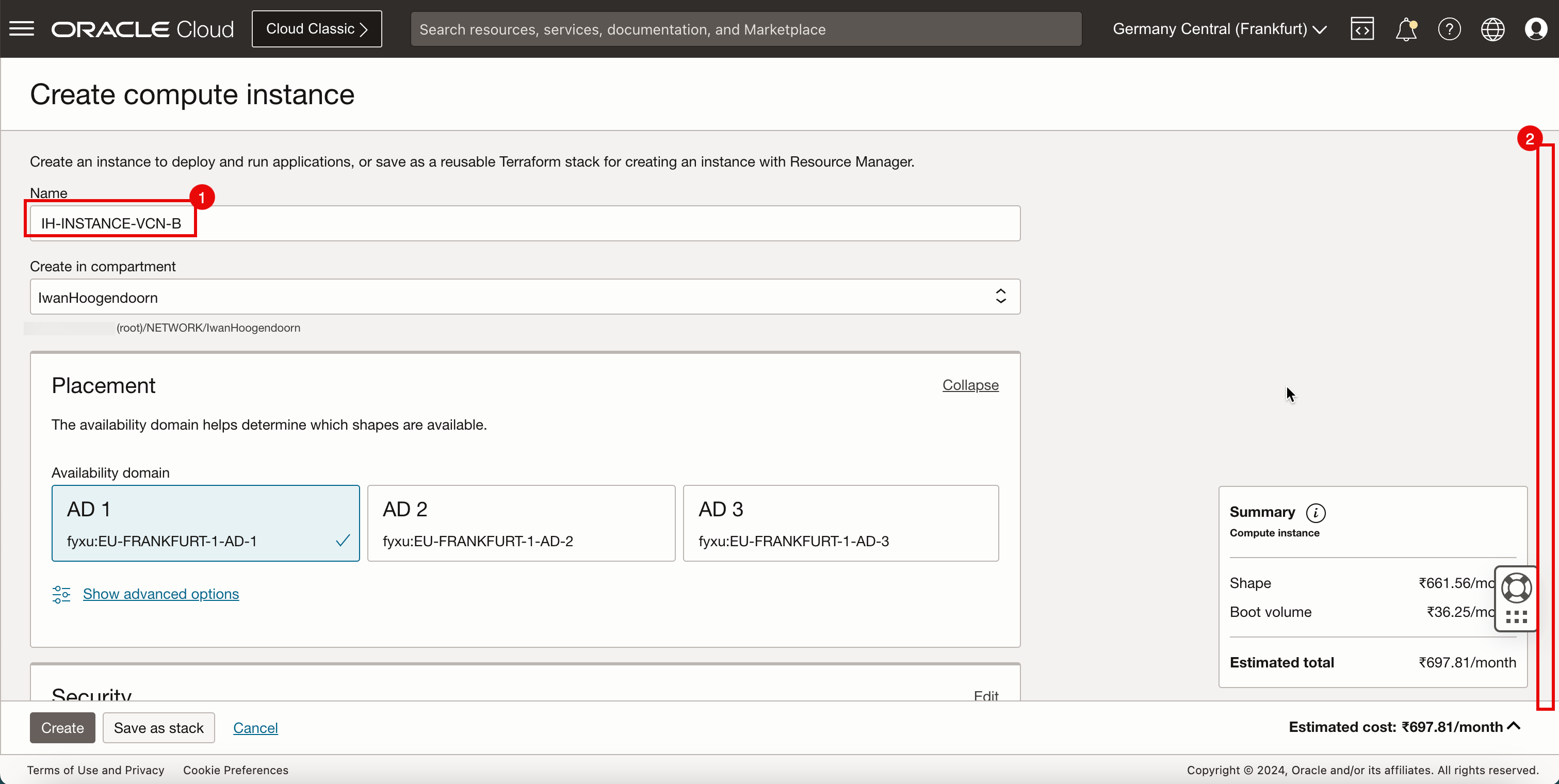

Crea istanza nella VCN spoke B

Nella VCN B spoke verrà creata una semplice istanza Linux che fungerà da endpoint di rete che possiamo utilizzare per testare i nostri flussi di instradamento.

Istanza client spoke B

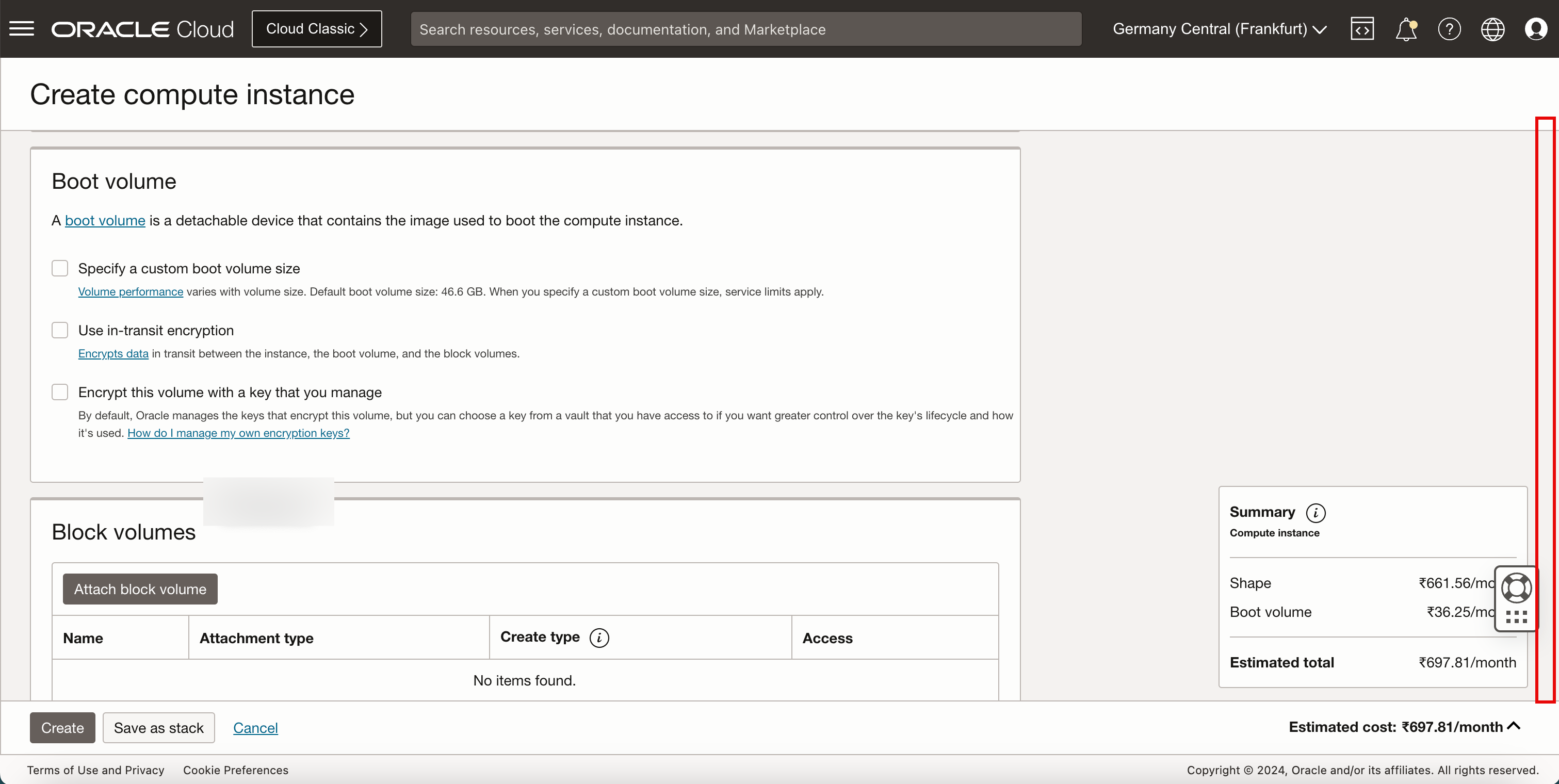

-

Creare un'istanza.

- Immettere il nome dell'istanza.

- scorrere in Basso.

-

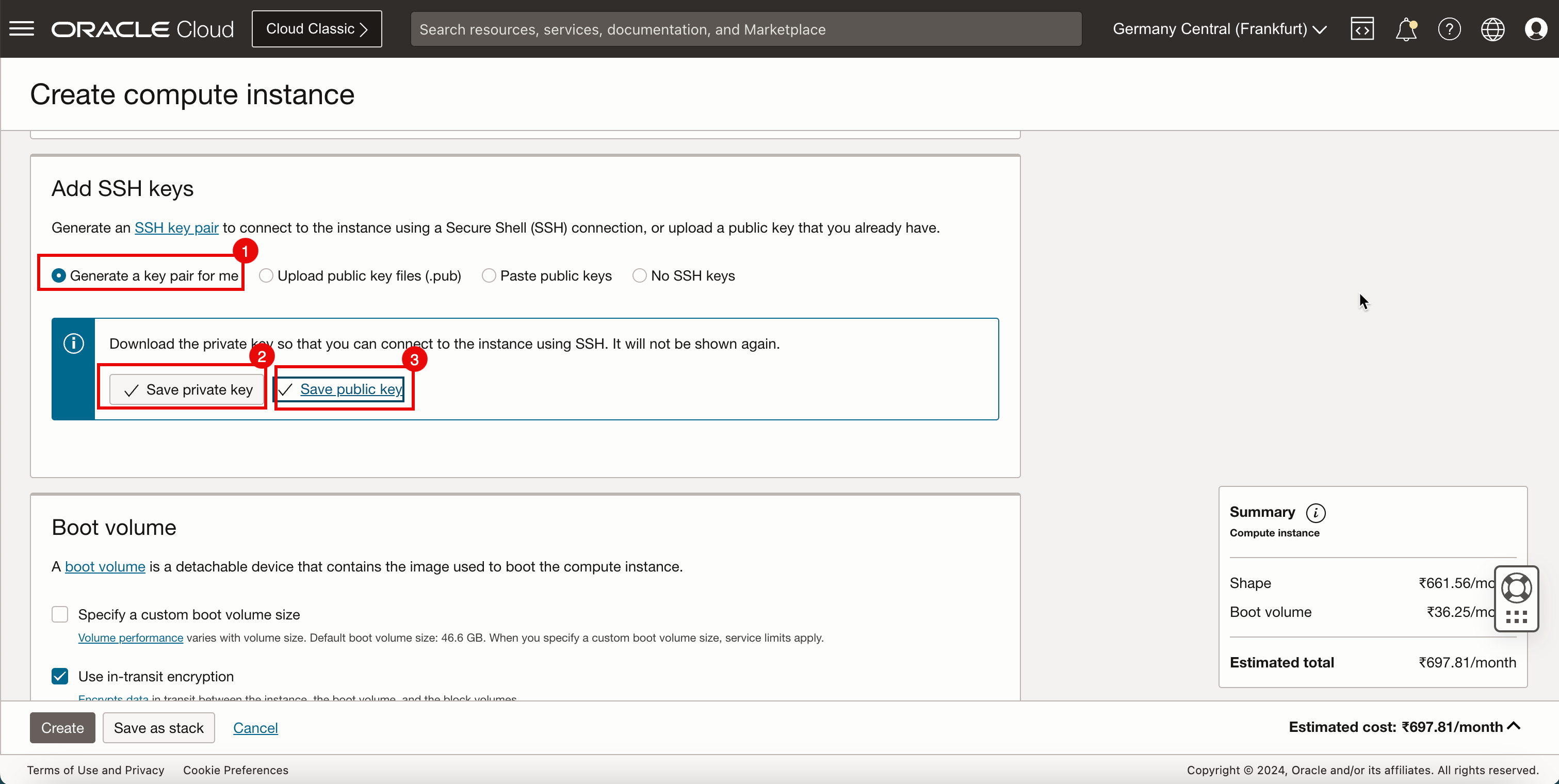

scorrere in Basso.

- In Rete primaria, selezionare Seleziona rete cloud virtuale esistente.

- Nella VCN selezionare SPOKE-VCN-B.

- In Subnet, selezionare Selezionare la subnet esistente.

- Selezionare la subnet privata dalla VCN B spoke.

- scorrere in Basso.

- In Indirizzo IPv4 privato, selezionare Assegna automaticamente indirizzo IPv4 privato.

- scorrere in Basso.

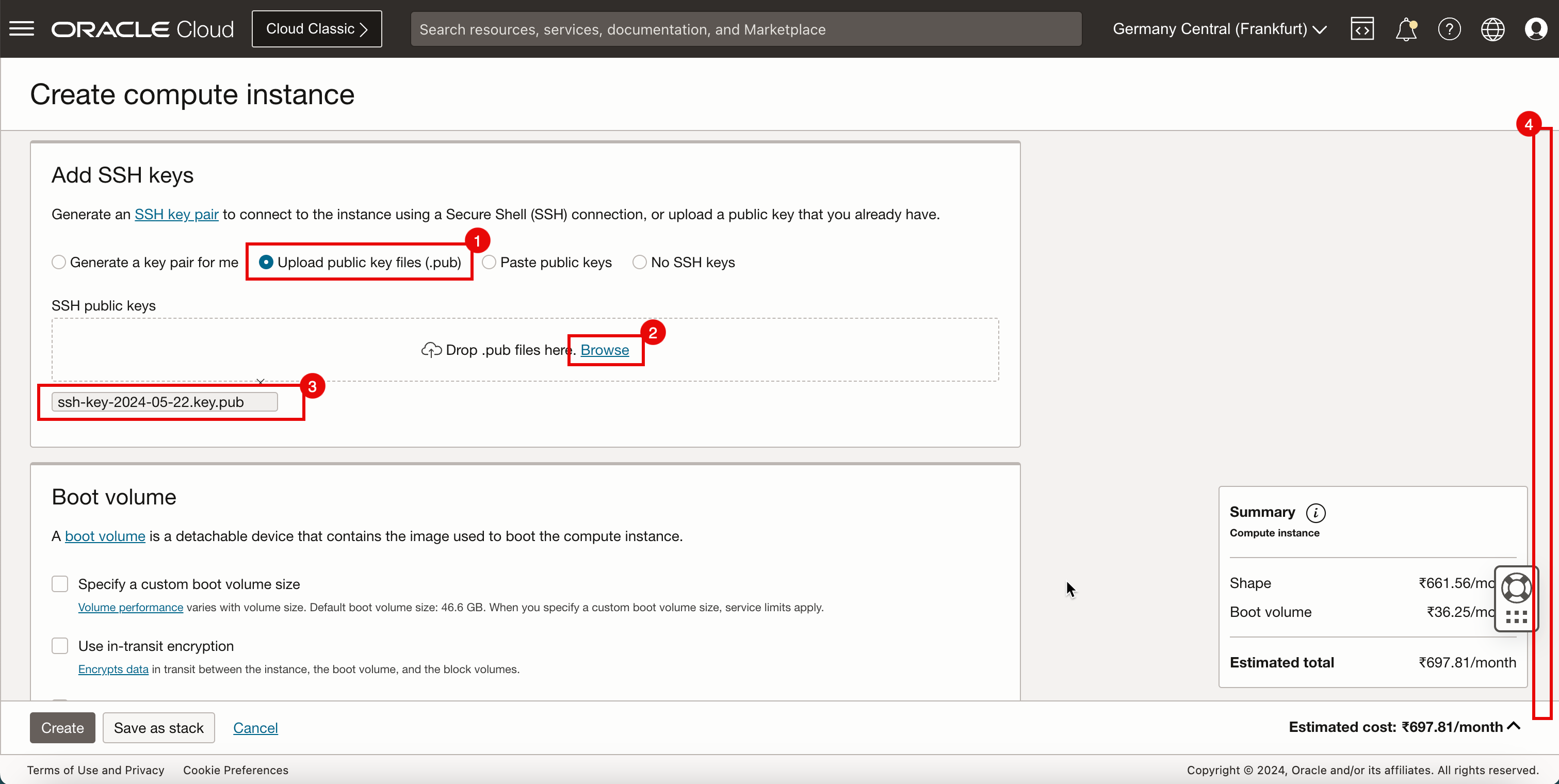

- Carica file di chiavi pubbliche.

- Fare clic su Sfoglia. Selezionare il file di chiave pubblica salvato durante la creazione dell'istanza A.

- Assicurarsi che la chiave pubblica sia selezionata.

- scorrere in Basso.

-

scorrere in Basso.

-

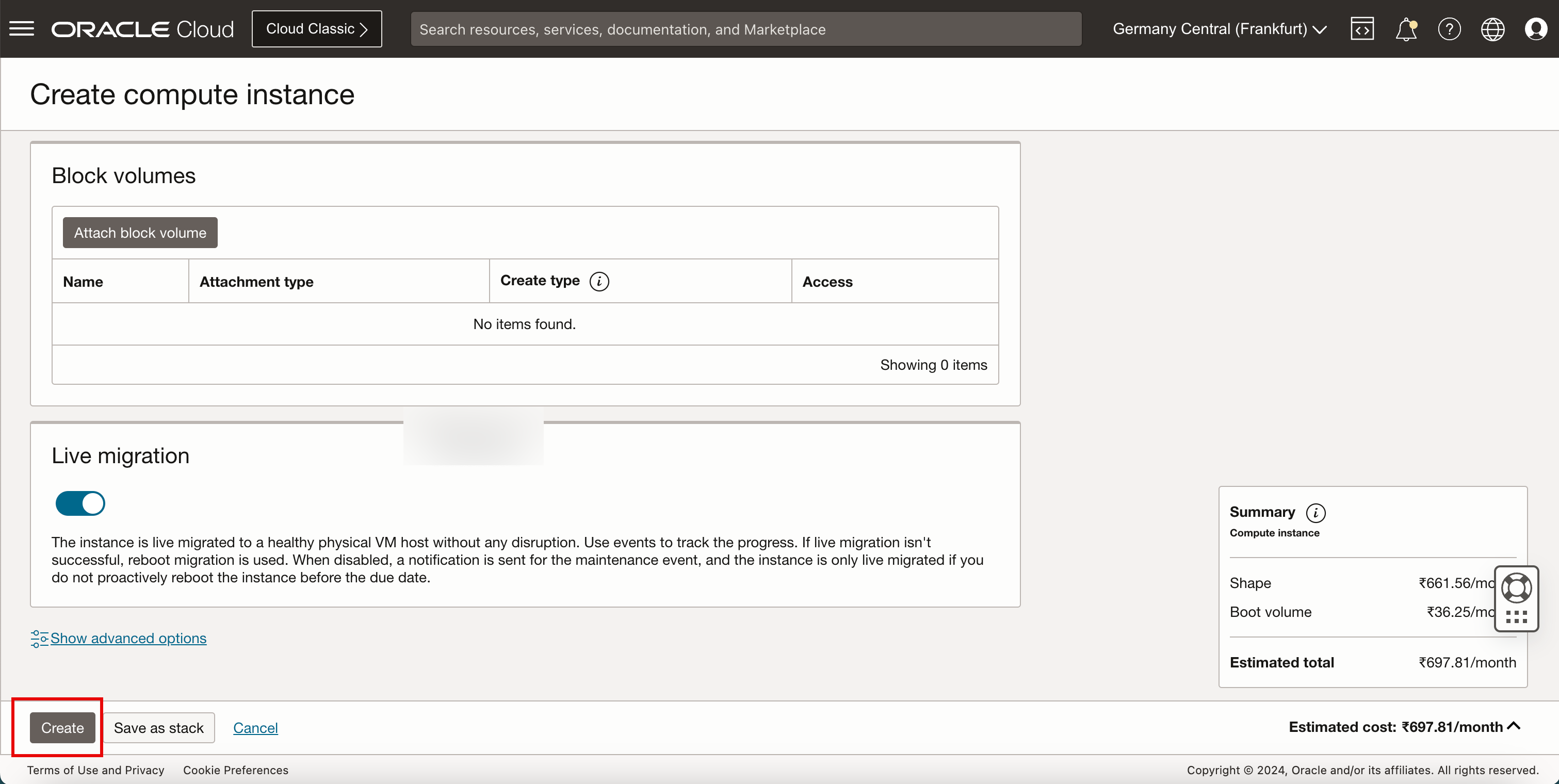

Fare clic su Crea.

-

Lo stato è PROVISIONING.

- Si noti che lo stato viene modificato in RUNNING.

- Prendere nota dell'indirizzo IP privato da utilizzare in un passo successivo.

- Fare clic su Istanze per tornare alla pagina delle istanze.

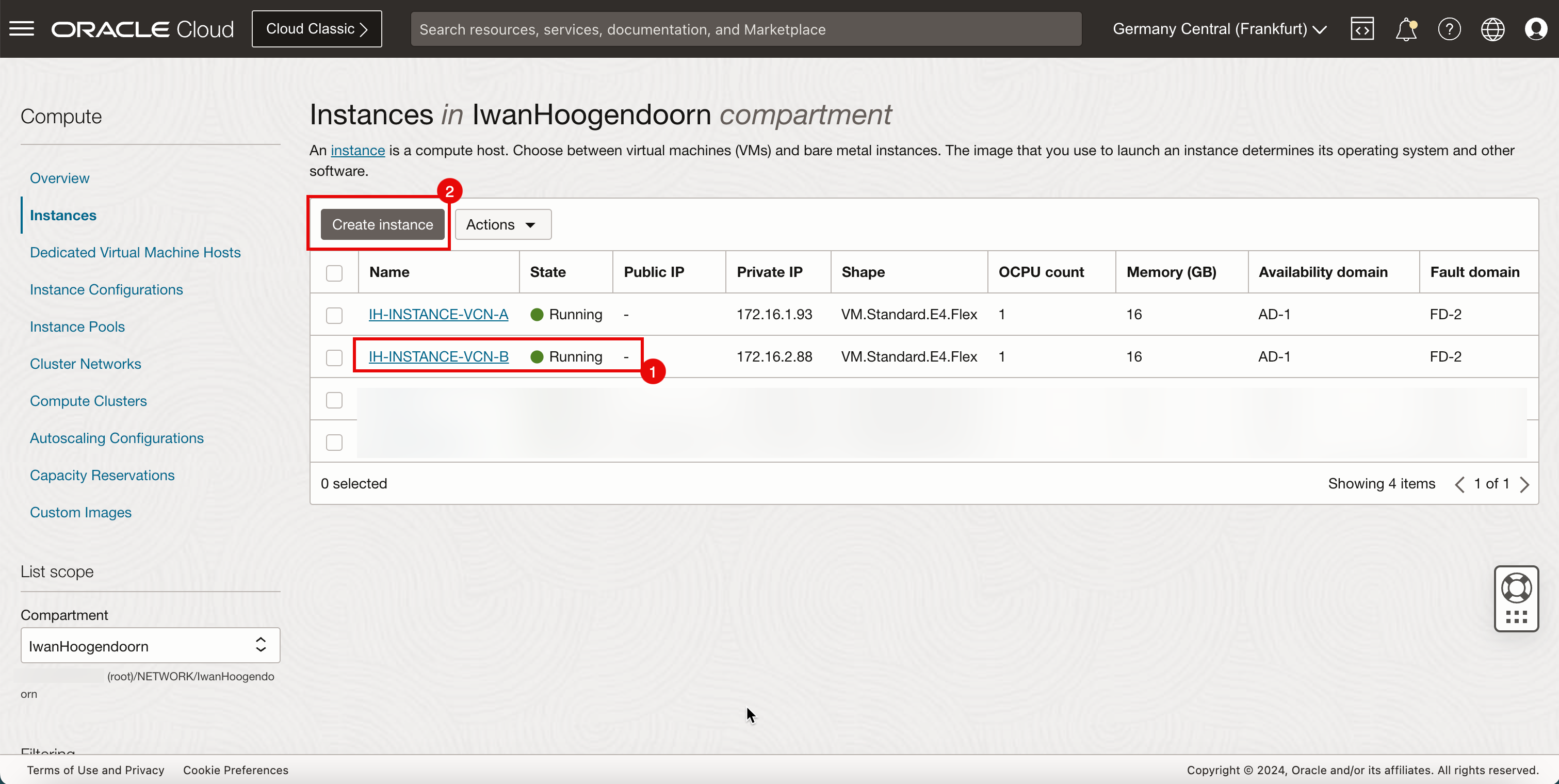

- Si noti che l'istanza B è in esecuzione.

- Fare clic su Crea istanza per creare l'istanza successiva.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

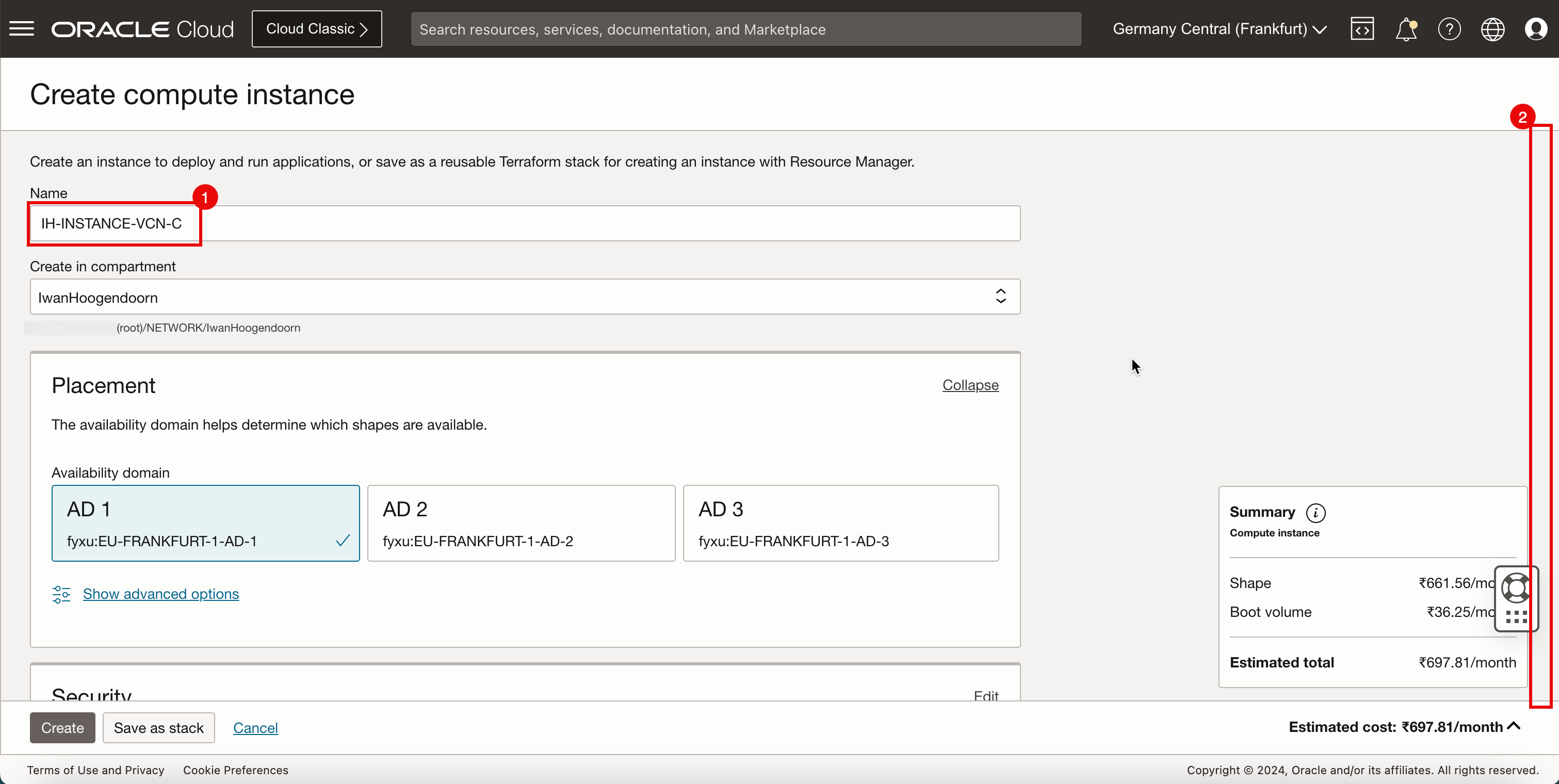

Crea istanza in C VCN spoke

Nella VCN C spoke creeremo una semplice istanza Linux che fungerà da endpoint di rete che possiamo utilizzare per testare i nostri flussi di instradamento.

Istanza client spoke C

-

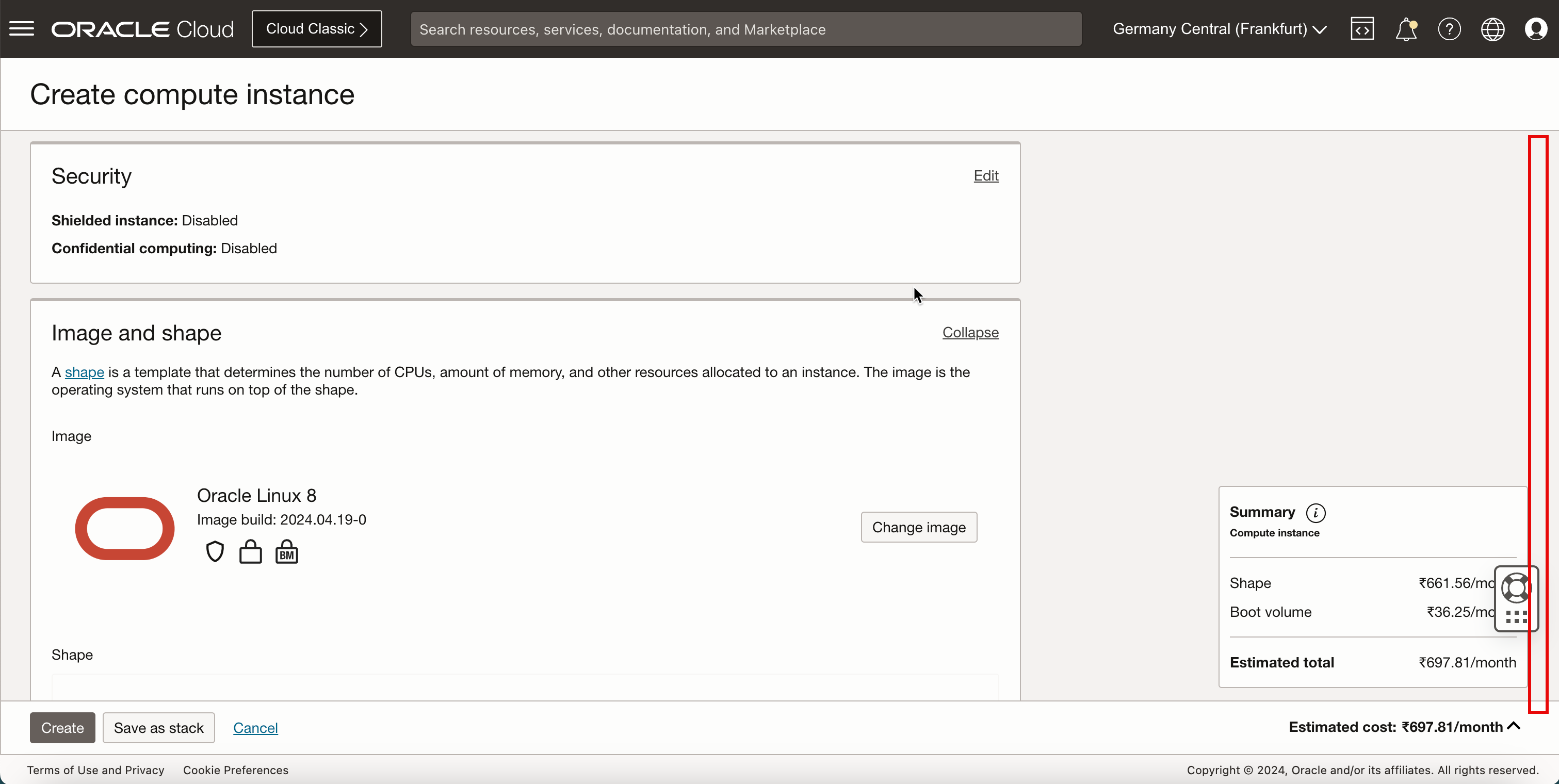

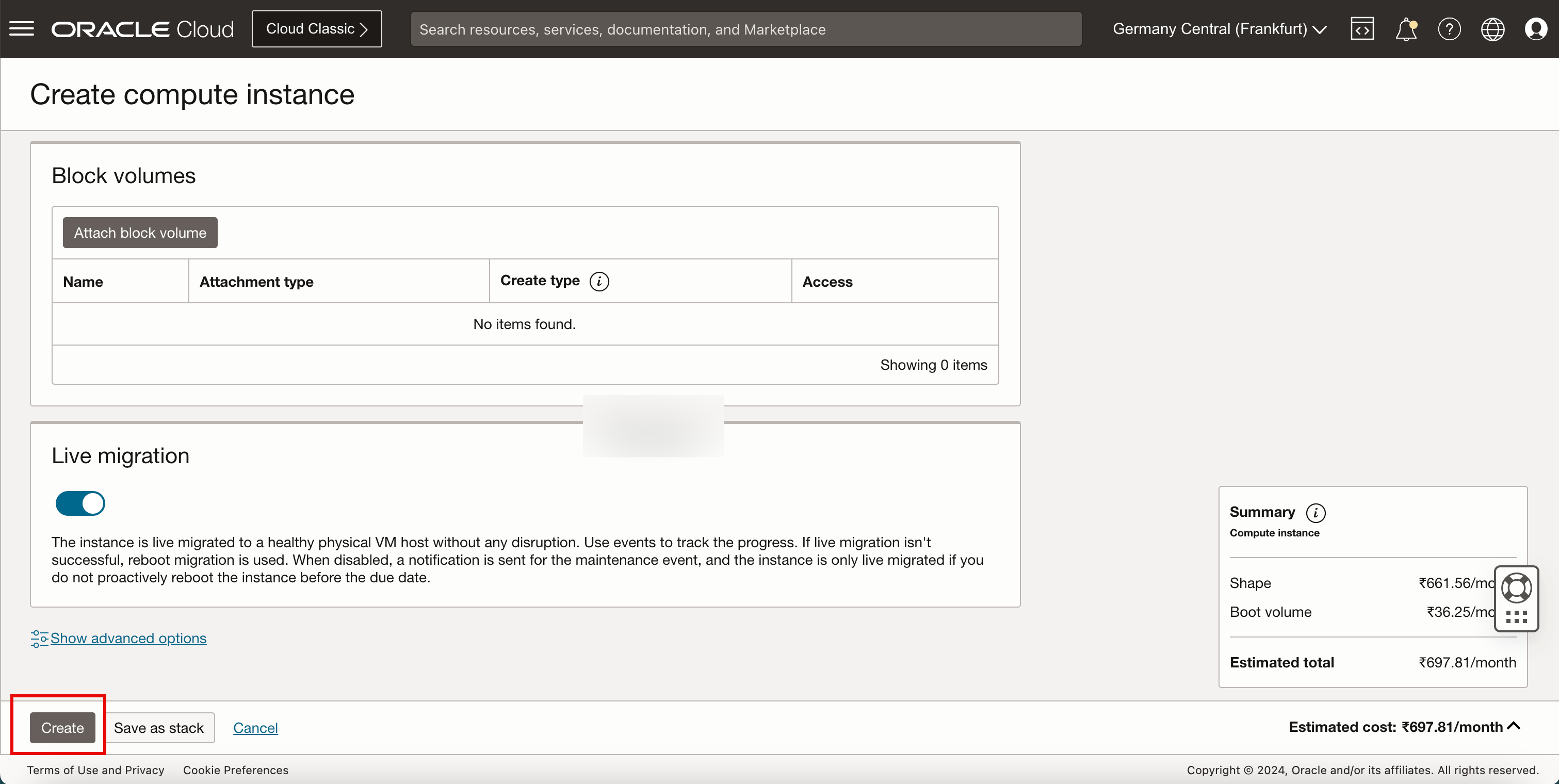

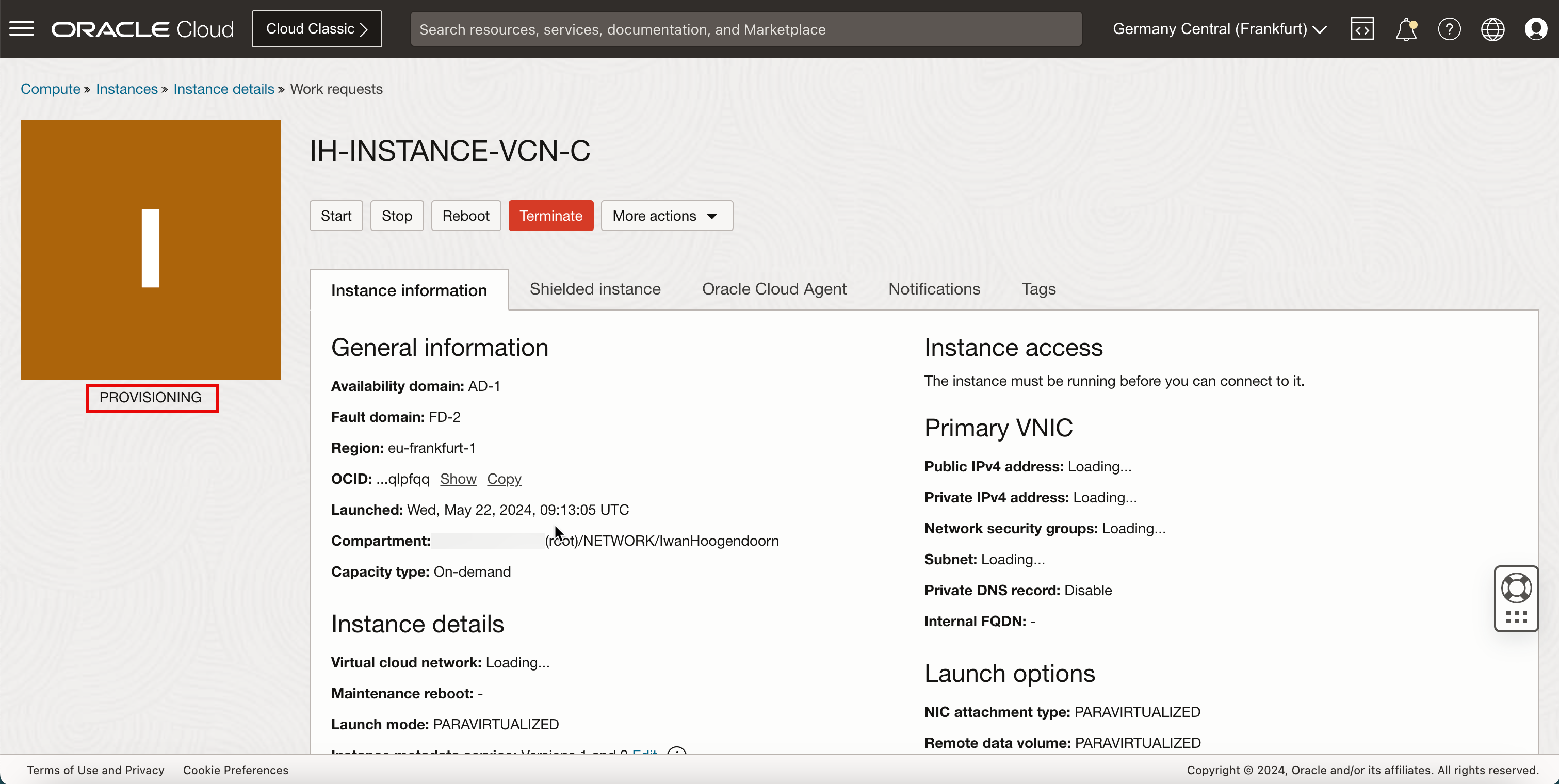

Creare un'istanza.

- Immettere un nome di istanza.

- scorrere in Basso.

-

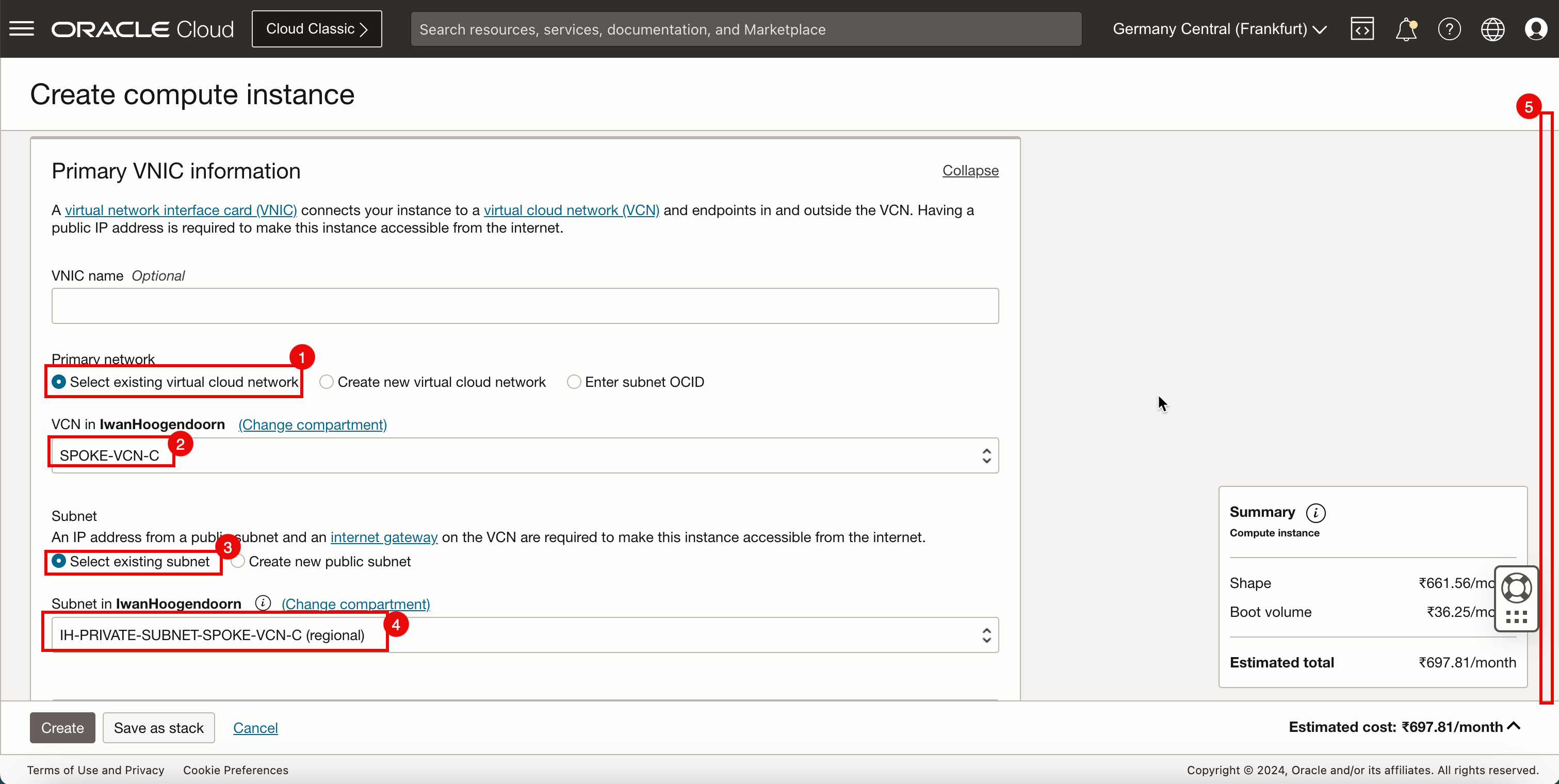

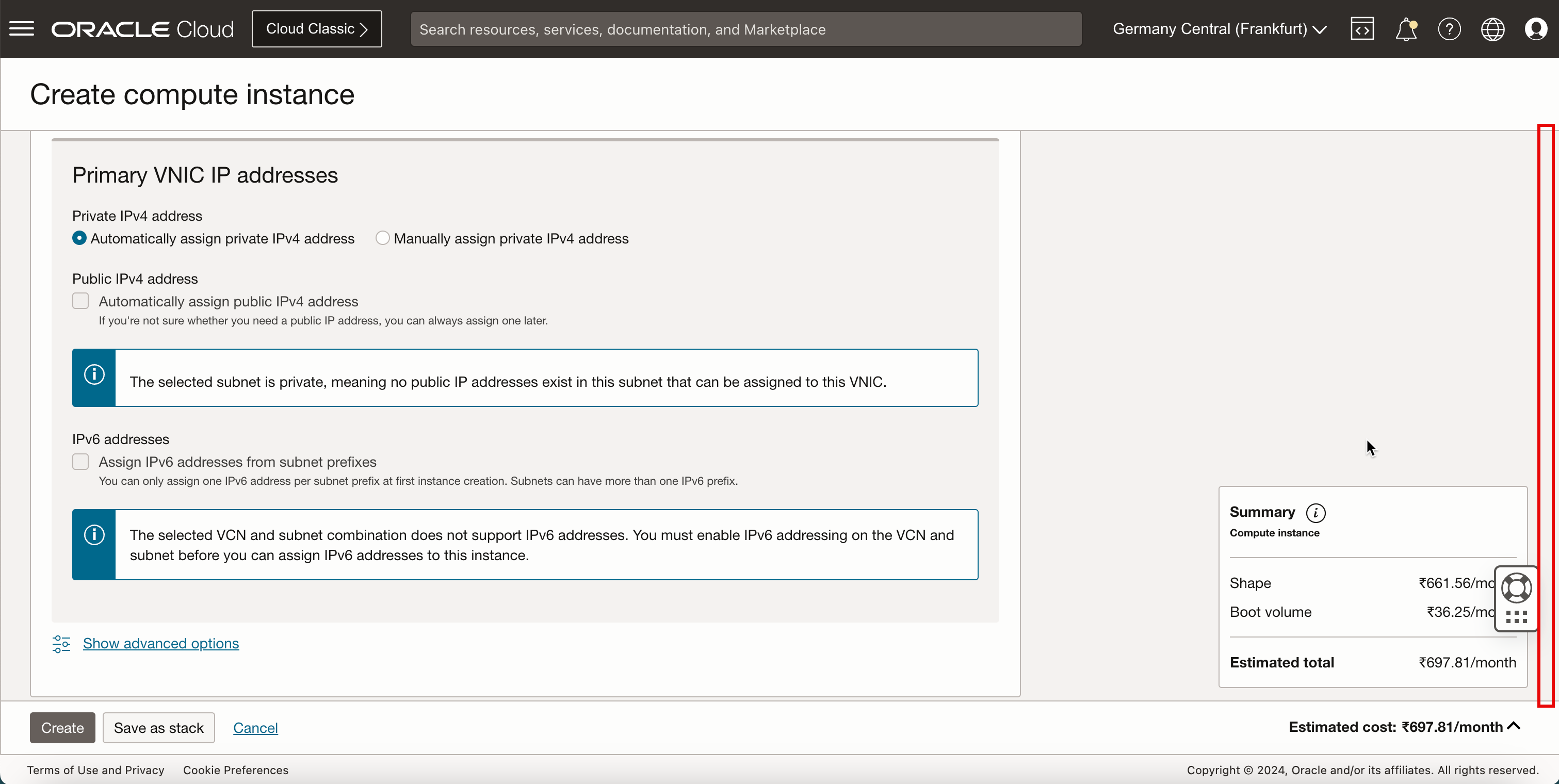

scorrere in Basso.

- In Rete primaria, selezionare Seleziona rete cloud virtuale esistente.

- Nella VCN selezionare SPOKE-VCN-C.

- In Subnet, selezionare Selezionare la subnet esistente.

- Selezionare la subnet privata dalla VCN C spoke.

- scorrere in Basso.

- In Indirizzo IPv4 privato, selezionare Assegna automaticamente indirizzo IPv4 privato.

- scorrere in Basso.

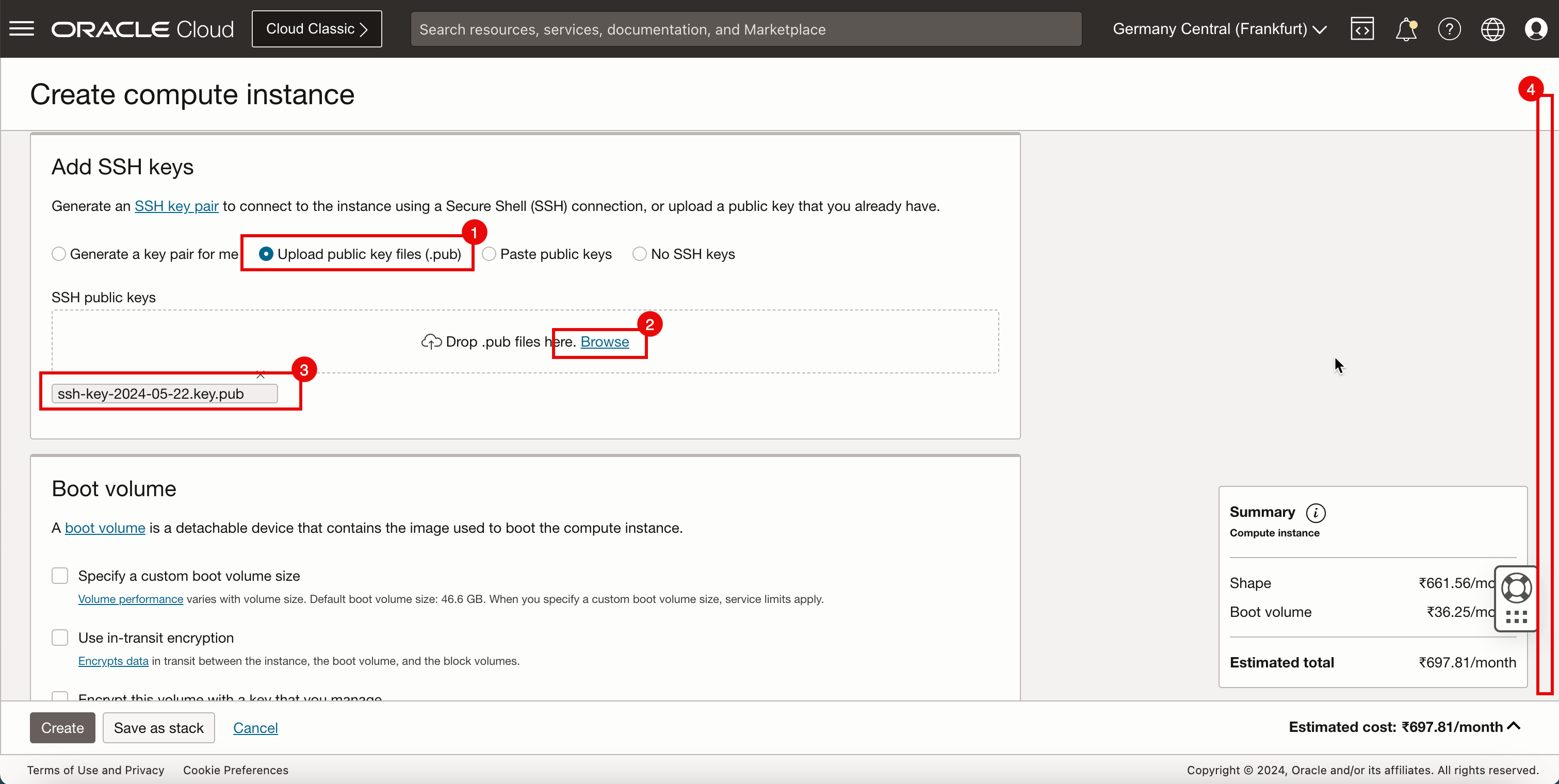

- Carica file di chiavi pubbliche.

- Fare clic su Sfoglia. Selezionare il file di chiave pubblica salvato durante la creazione dell'istanza A.

- Assicurarsi che la chiave pubblica sia selezionata

- scorrere in Basso.

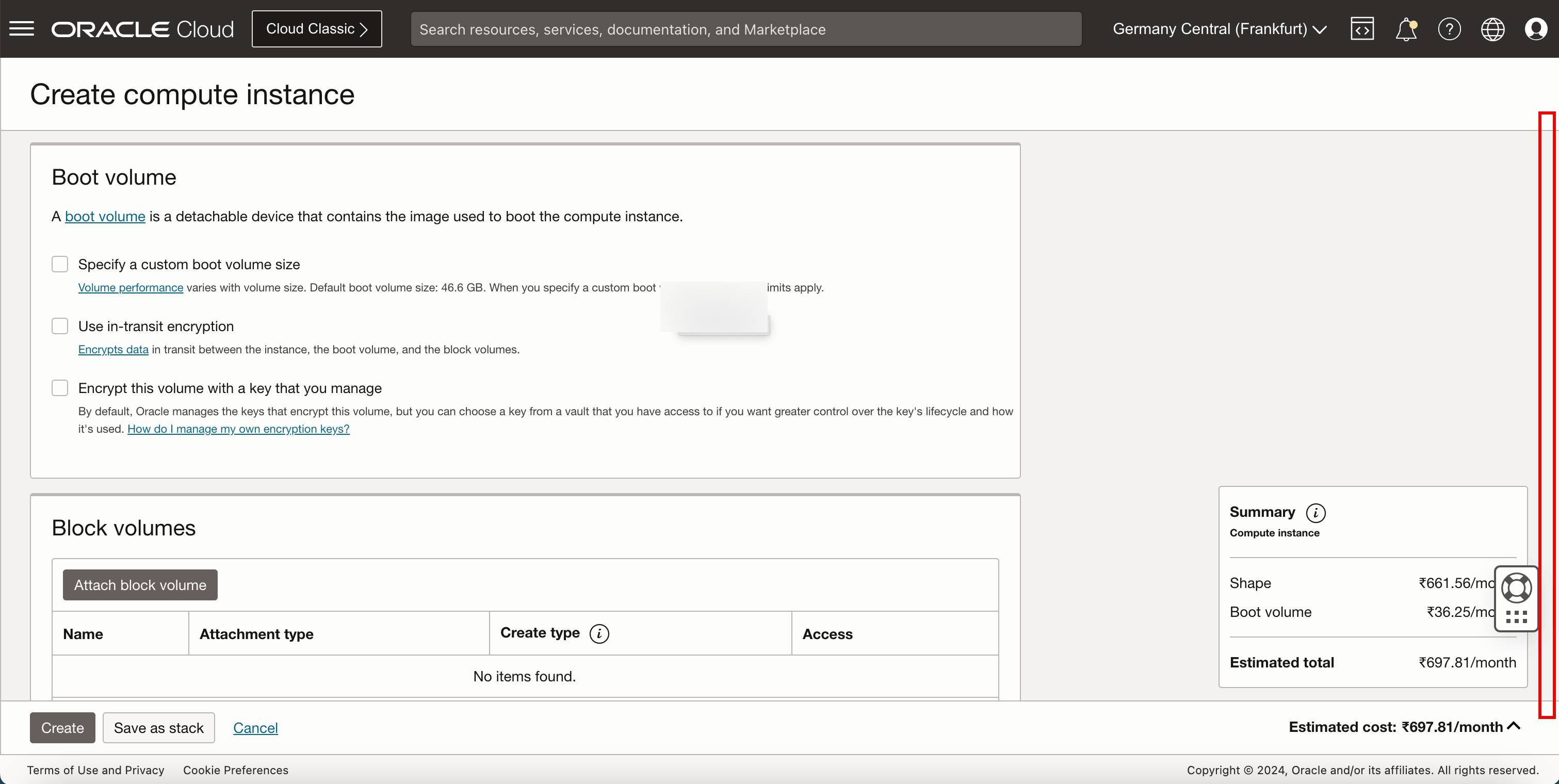

-

scorrere in Basso.

-

Fare clic su Crea.

-

Si noti che lo stato è PROVISIONING.

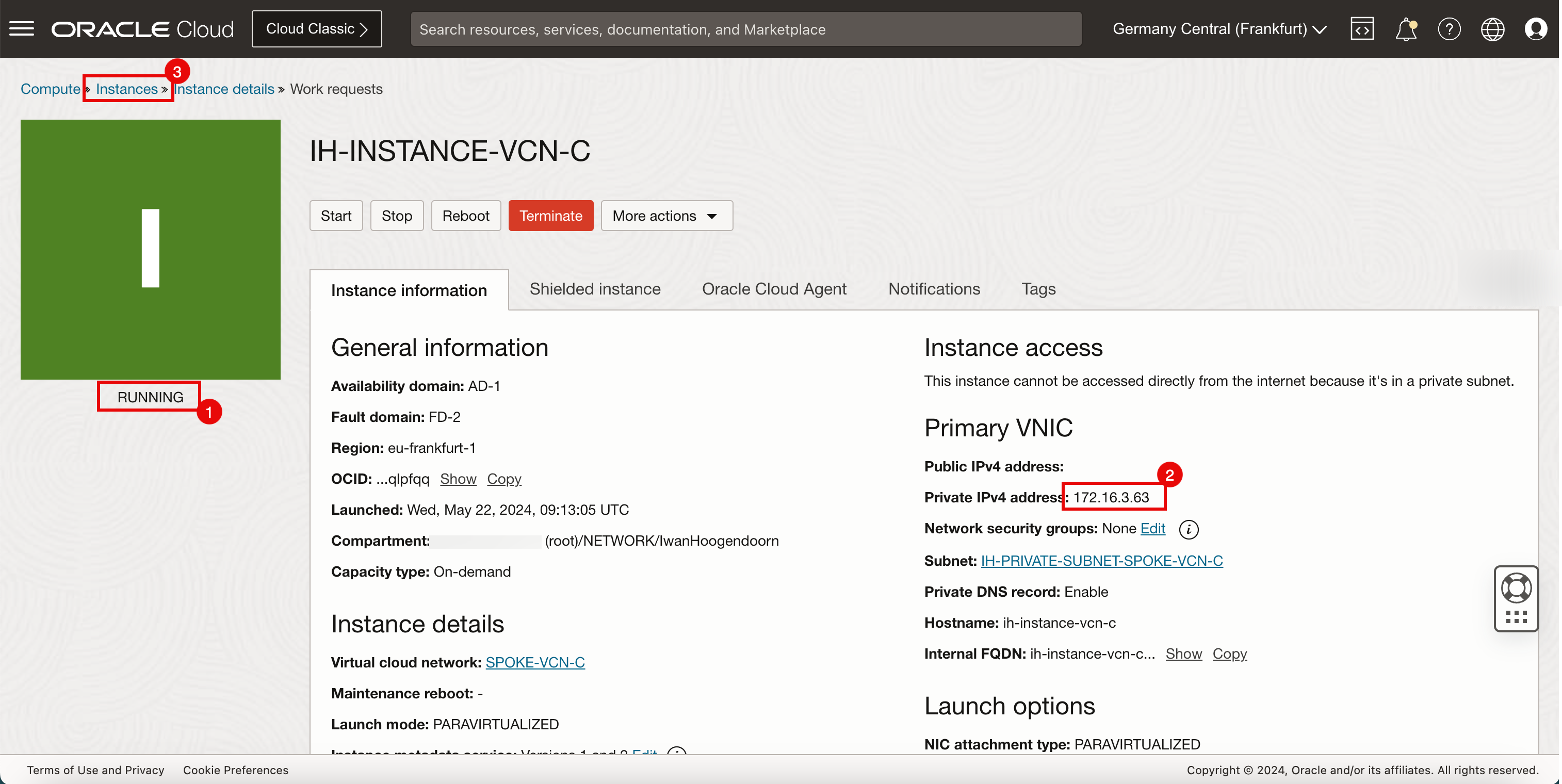

- Si noti che lo stato viene modificato in RUNNING.

- Prendere nota dell'indirizzo IP privato per uso futuro.

- Fare clic su Istanze per tornare alla pagina delle istanze

-

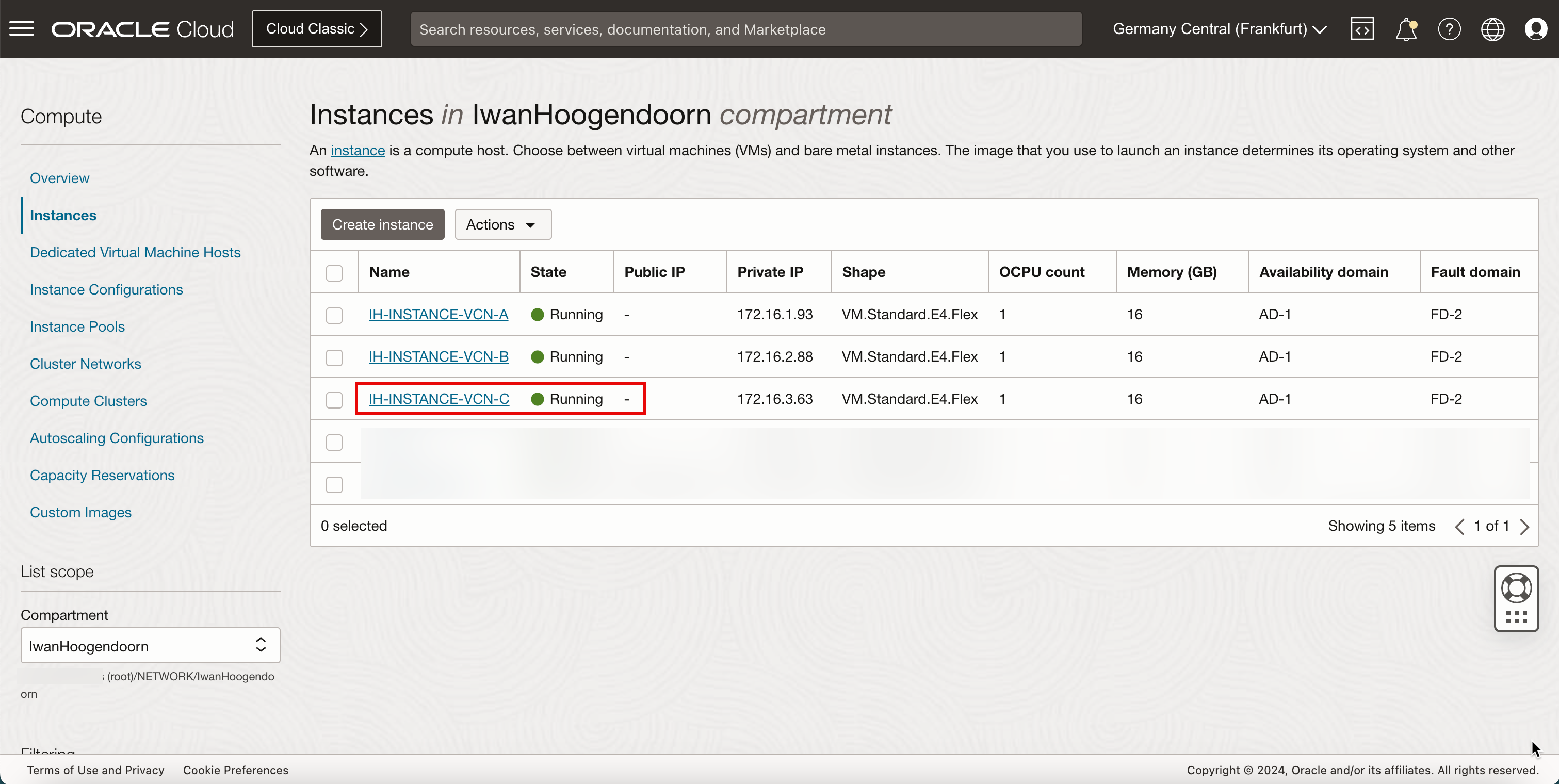

Si noti che l'istanza C è in esecuzione.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 5: aggiungere un'istanza del firewall pfSense nella VCN dell'hub

L'ultima istanza di cui abbiamo bisogno per la nostra configurazione di rete è un firewall. Ad esempio, può trattarsi di qualsiasi firewall come OCI Network Firewall. In questo tutorial, useremo il firewall pfSense.

Per creare un'istanza pfSense (hub-fw) che possa fungere da firewall all'interno dell'ambiente OCI, utilizzare questa esercitazione.

Nota: creare l'istanza pfSense prima di continuare l'esercitazione.

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

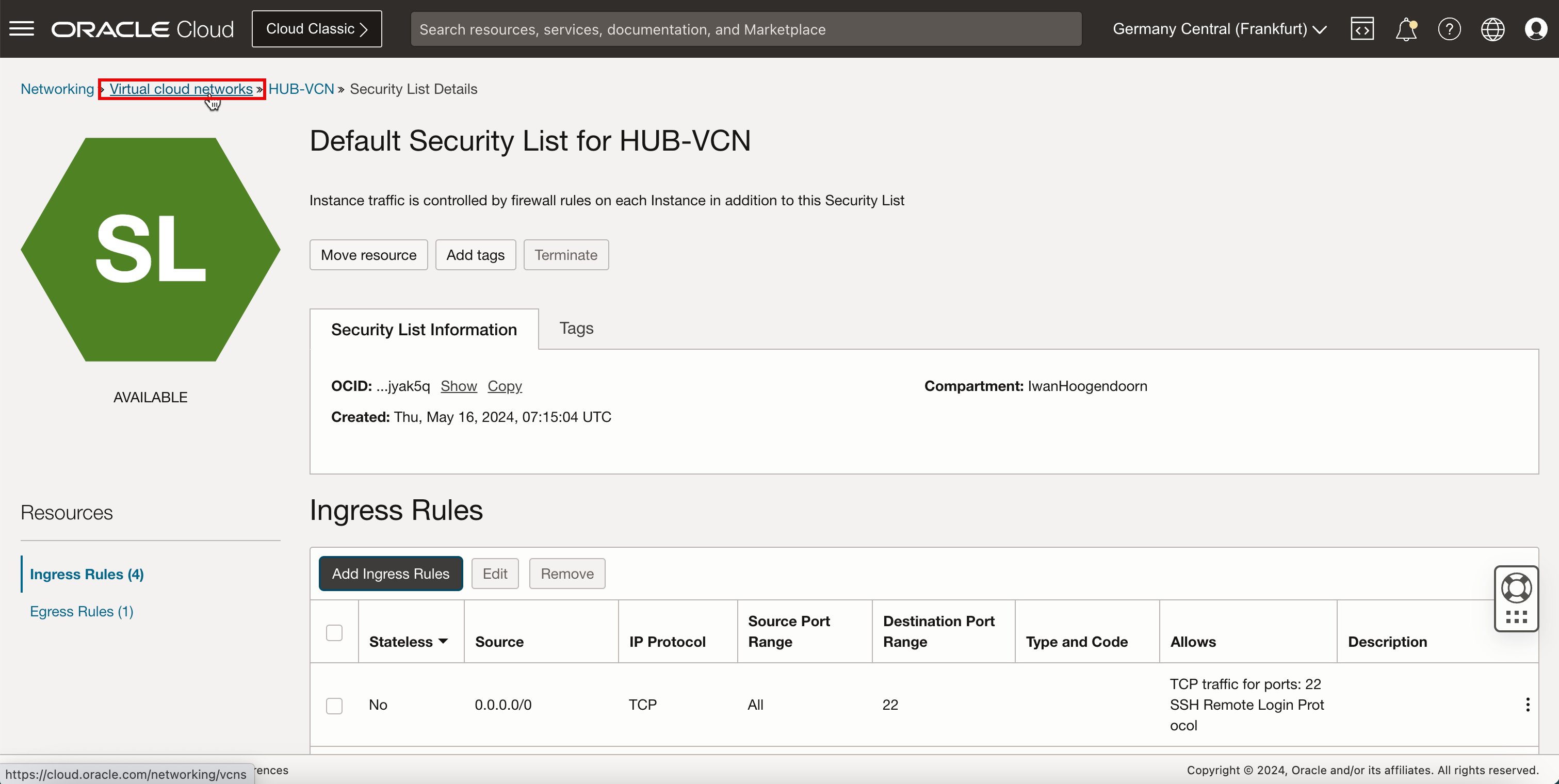

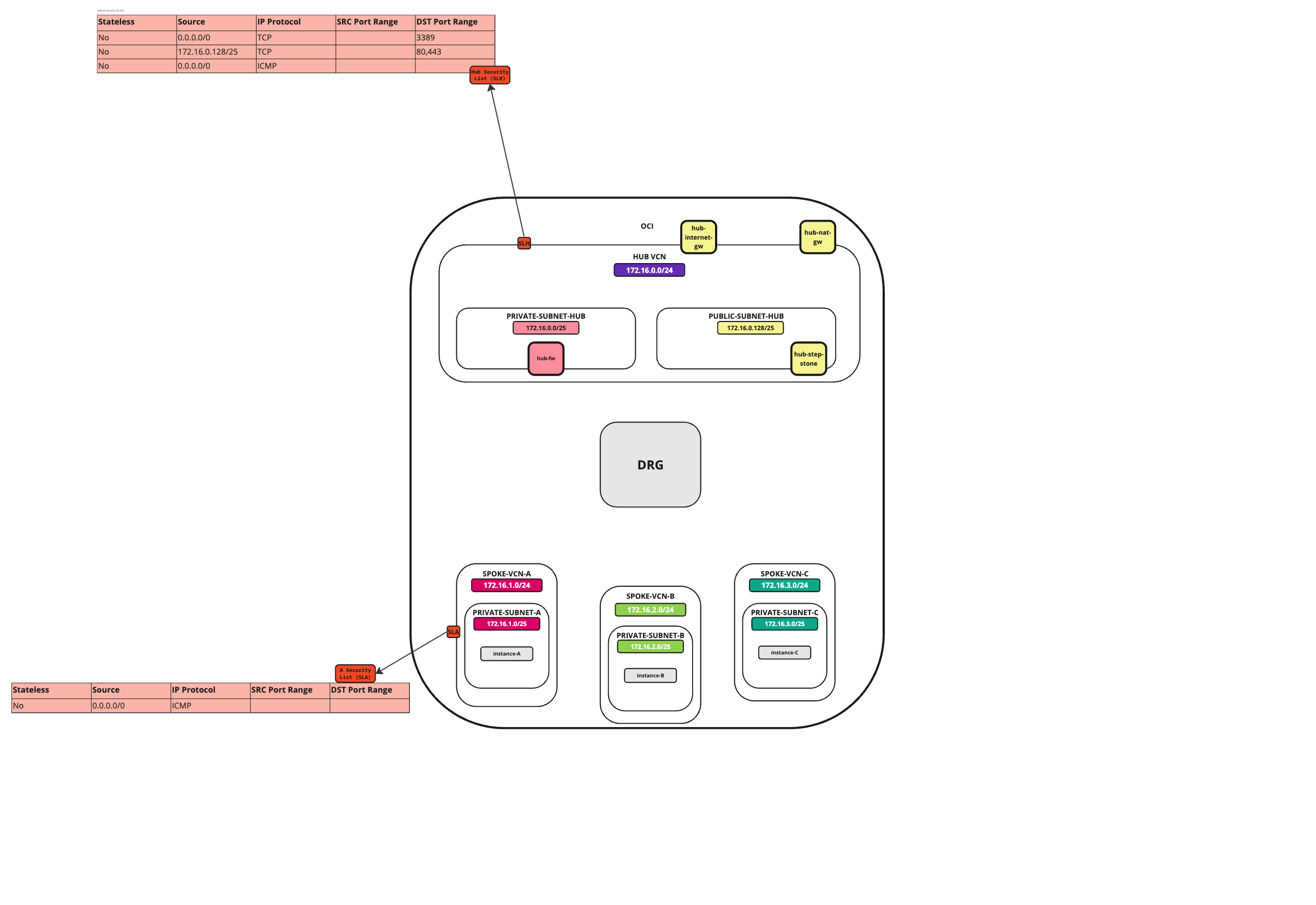

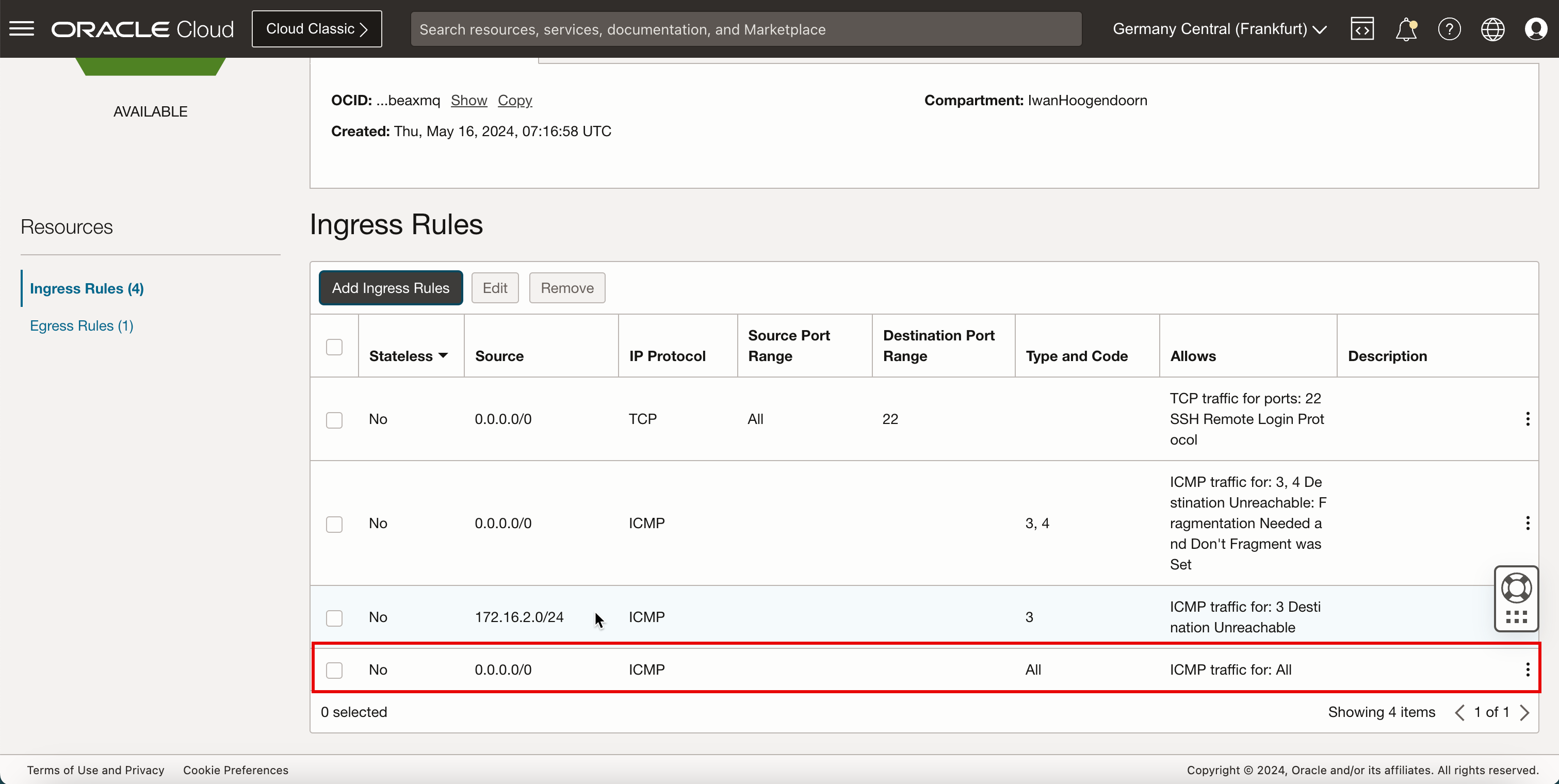

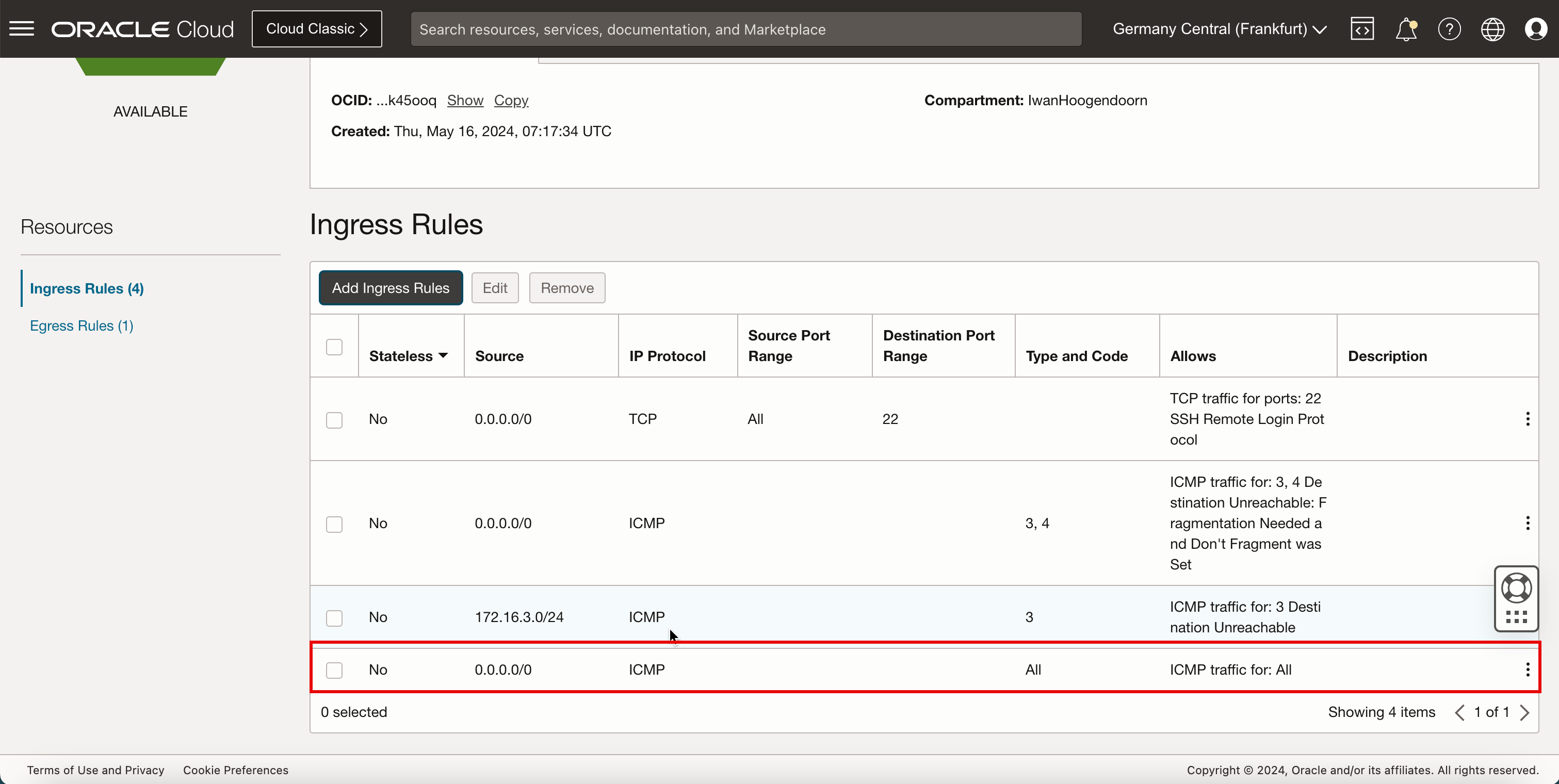

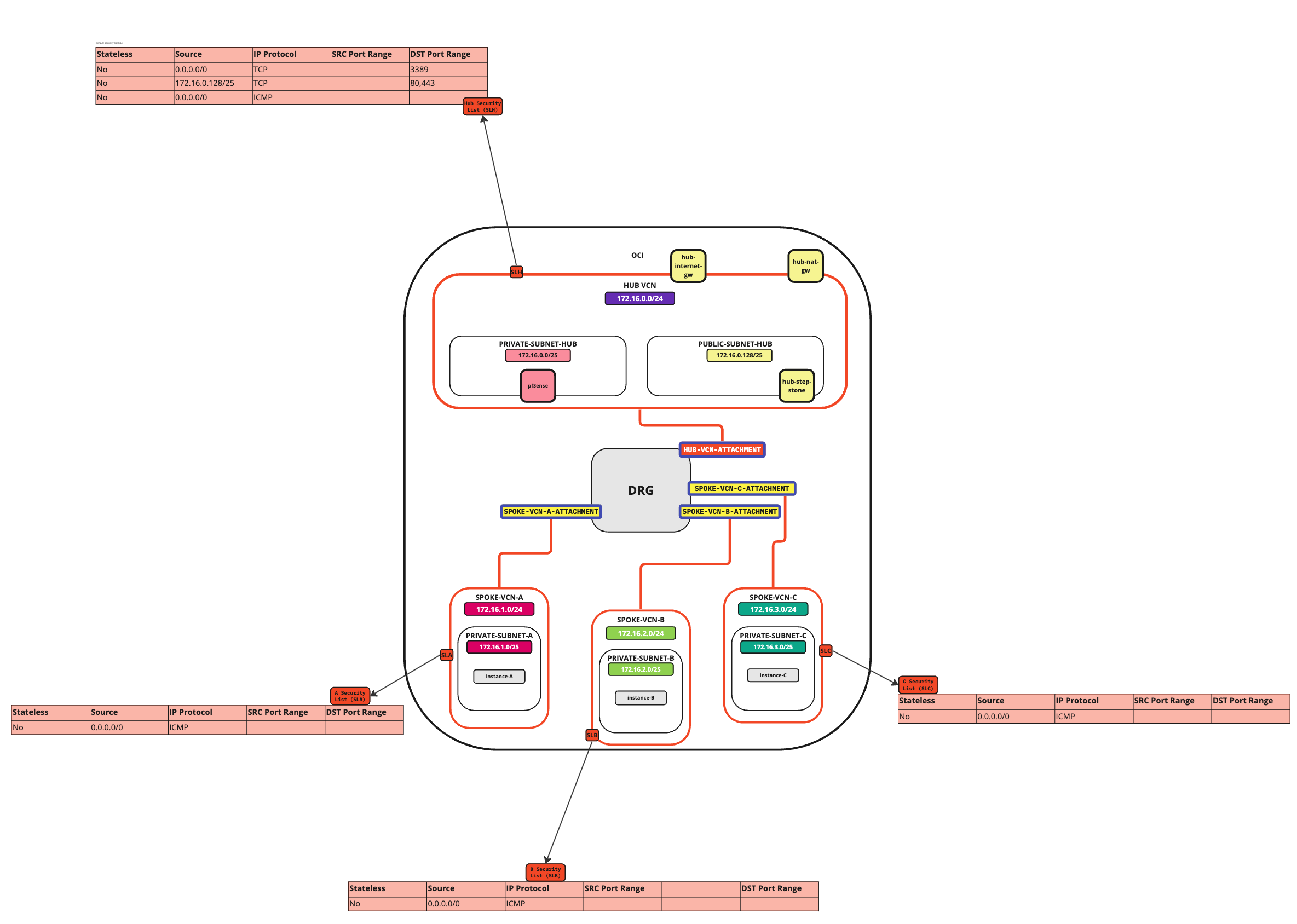

Task 6: Regole firewall aperte nelle liste di sicurezza

In un ambiente OCI, esistono più livelli di sicurezza di rete. Per impostazione predefinita, tutto il traffico di rete in entrata è bloccato per la maggior parte dei protocolli e delle porte. Per rendere possibili i test con il ping, apriremo le porte ICMP sull'hub e parleremo delle VCN in modo da consentire tutto il traffico ICMP che sta entrando nella VCN.

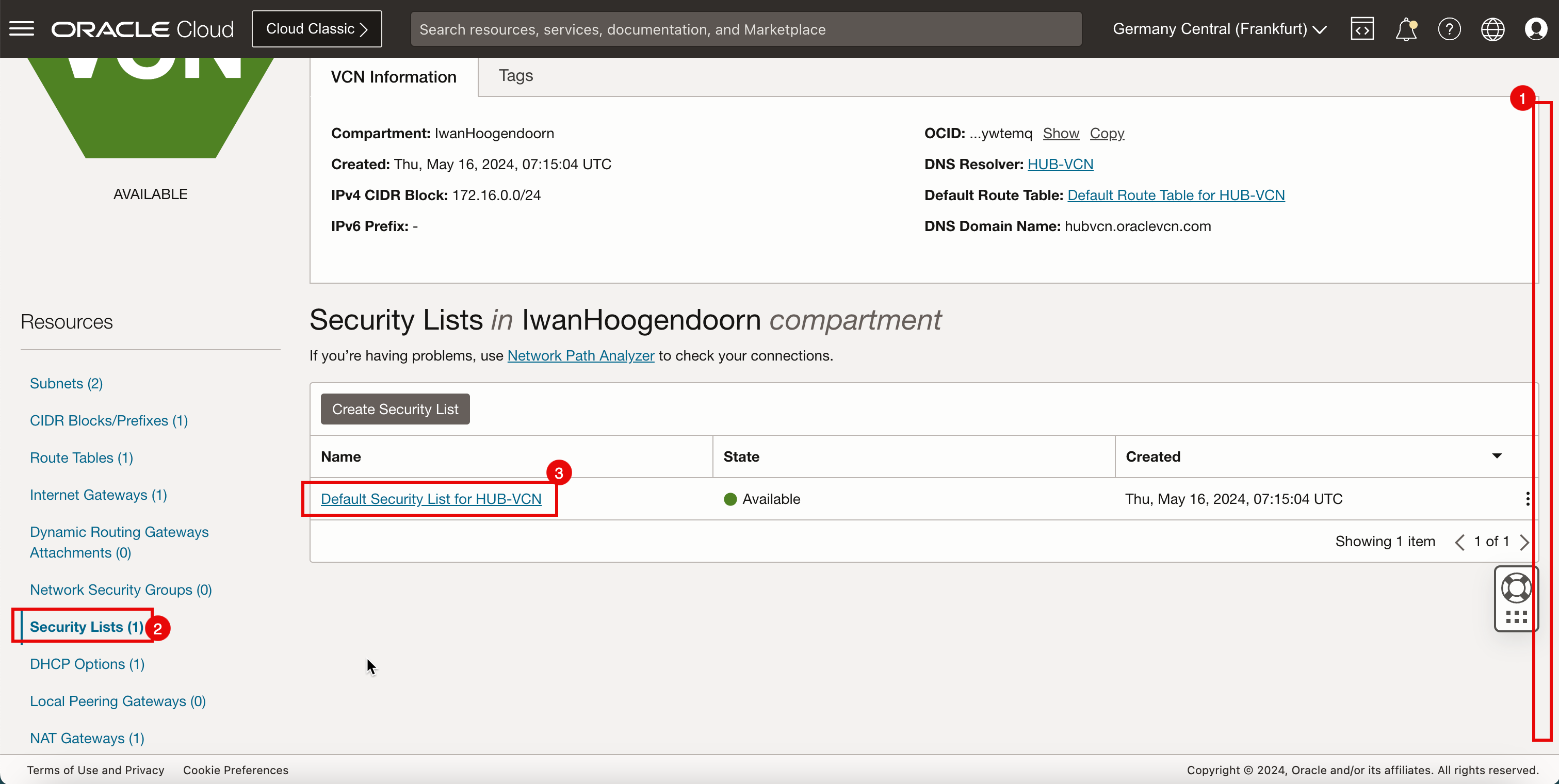

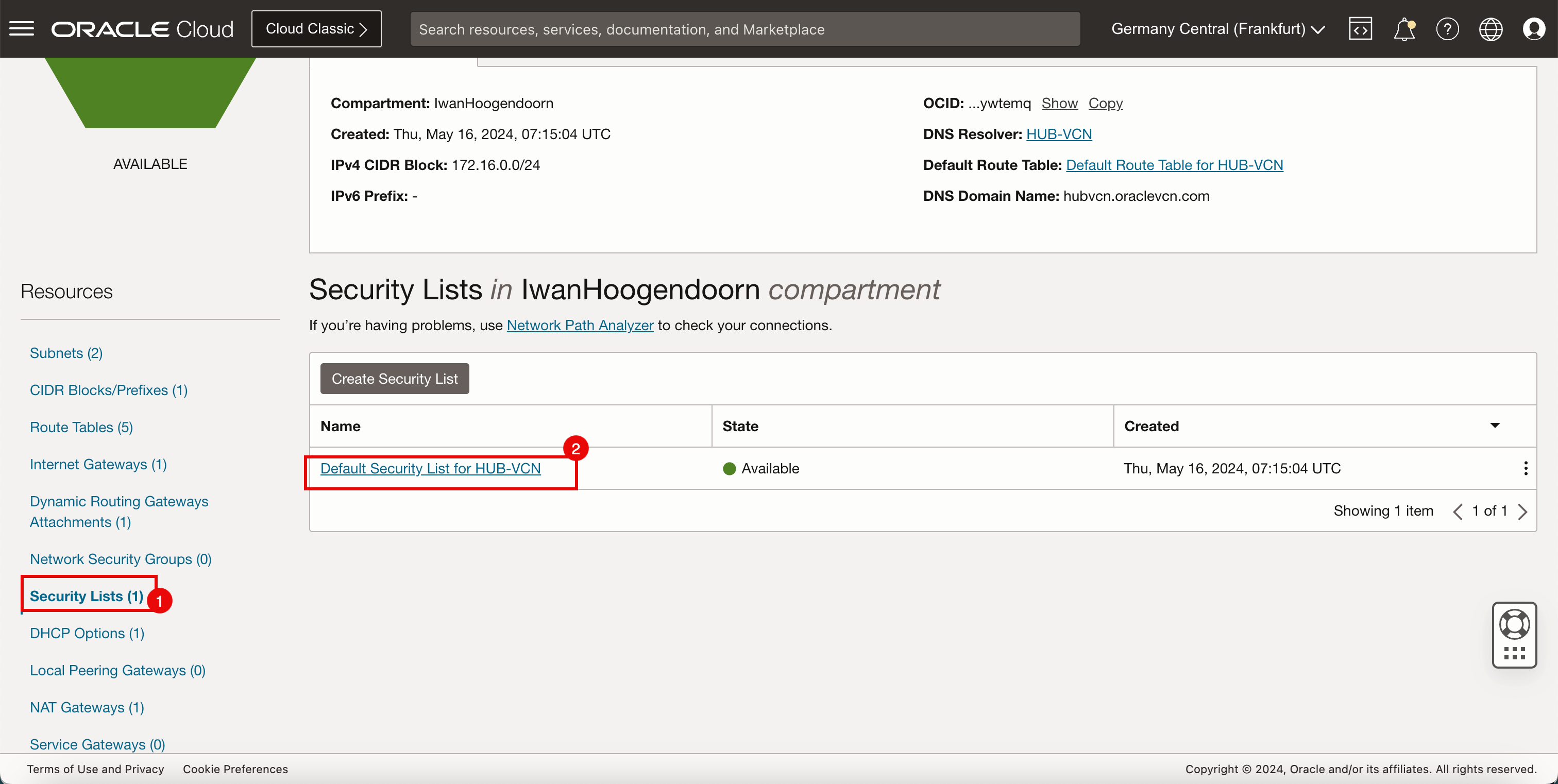

Aggiungi regola di entrata nella VCN dell'hub

-

Andare a OCI Console.

- Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Reti cloud virtuali oppure accedere a Networking e Reti cloud virtuali.

-

Selezionare la VCN hub a cui è collegato il firewall pfSense.

- scorrere in Basso.

- Fare clic su Elenchi di sicurezza.

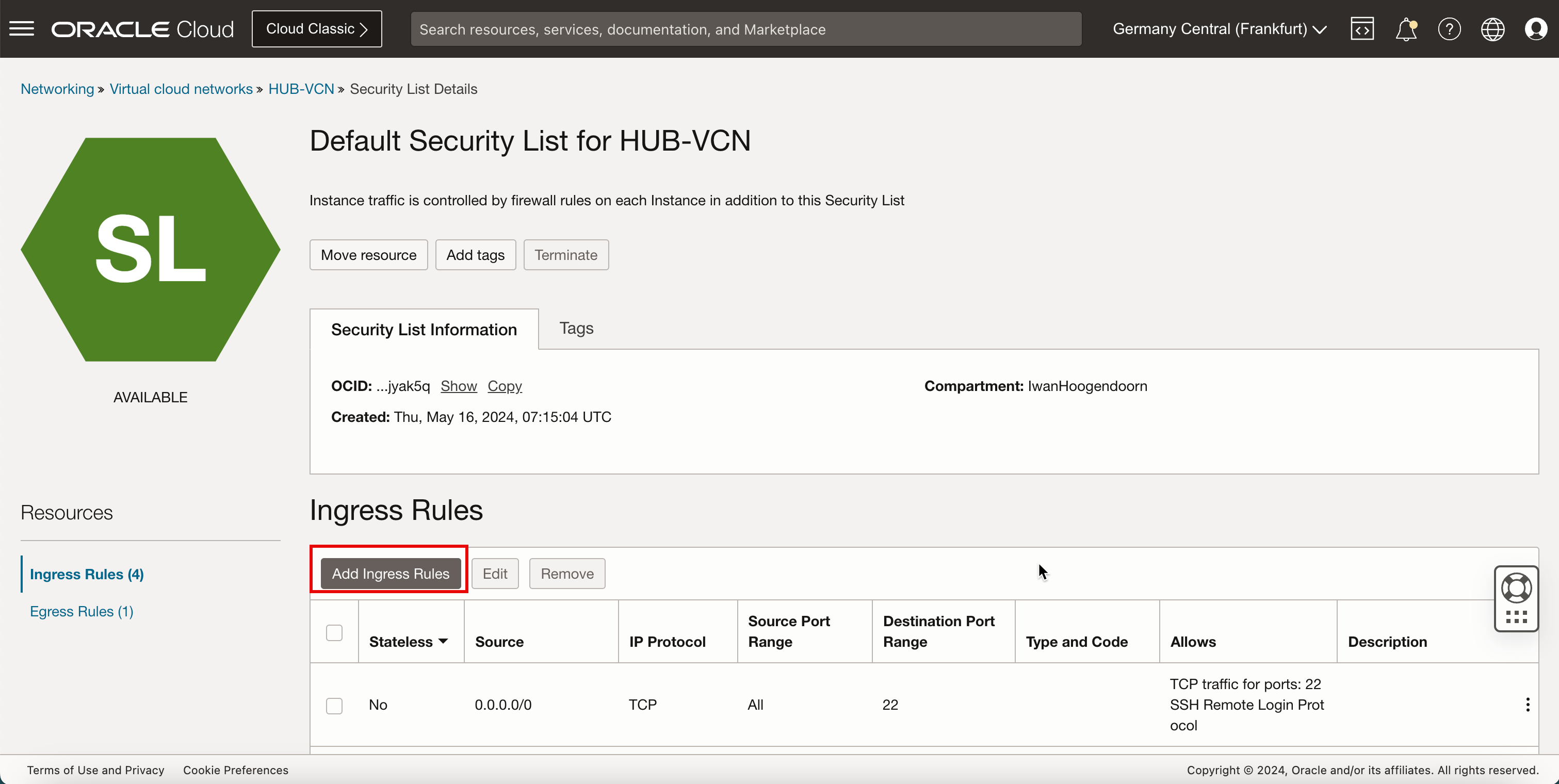

- Fare clic su Lista di sicurezza predefinita per HUB-VCN.

-

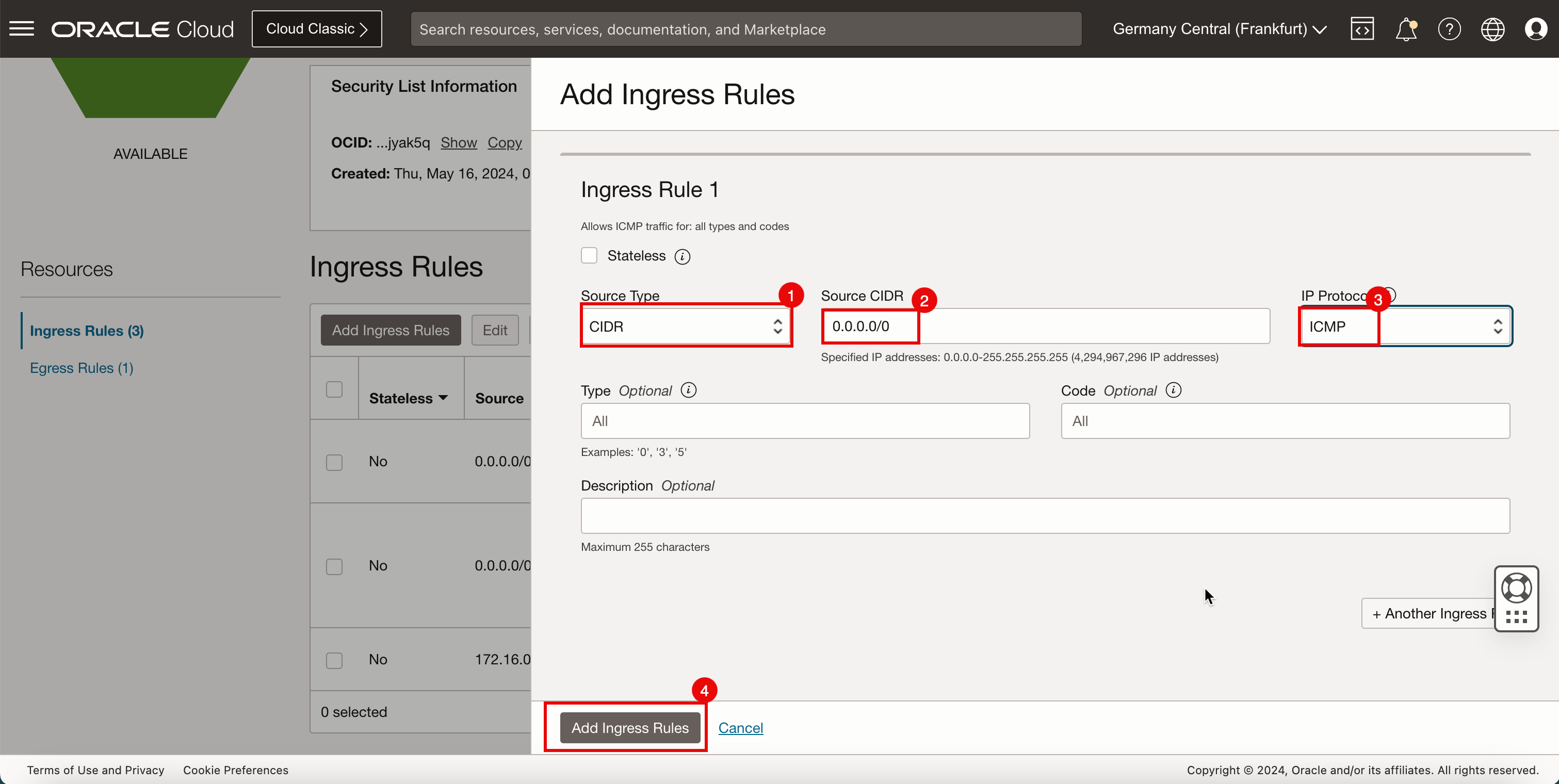

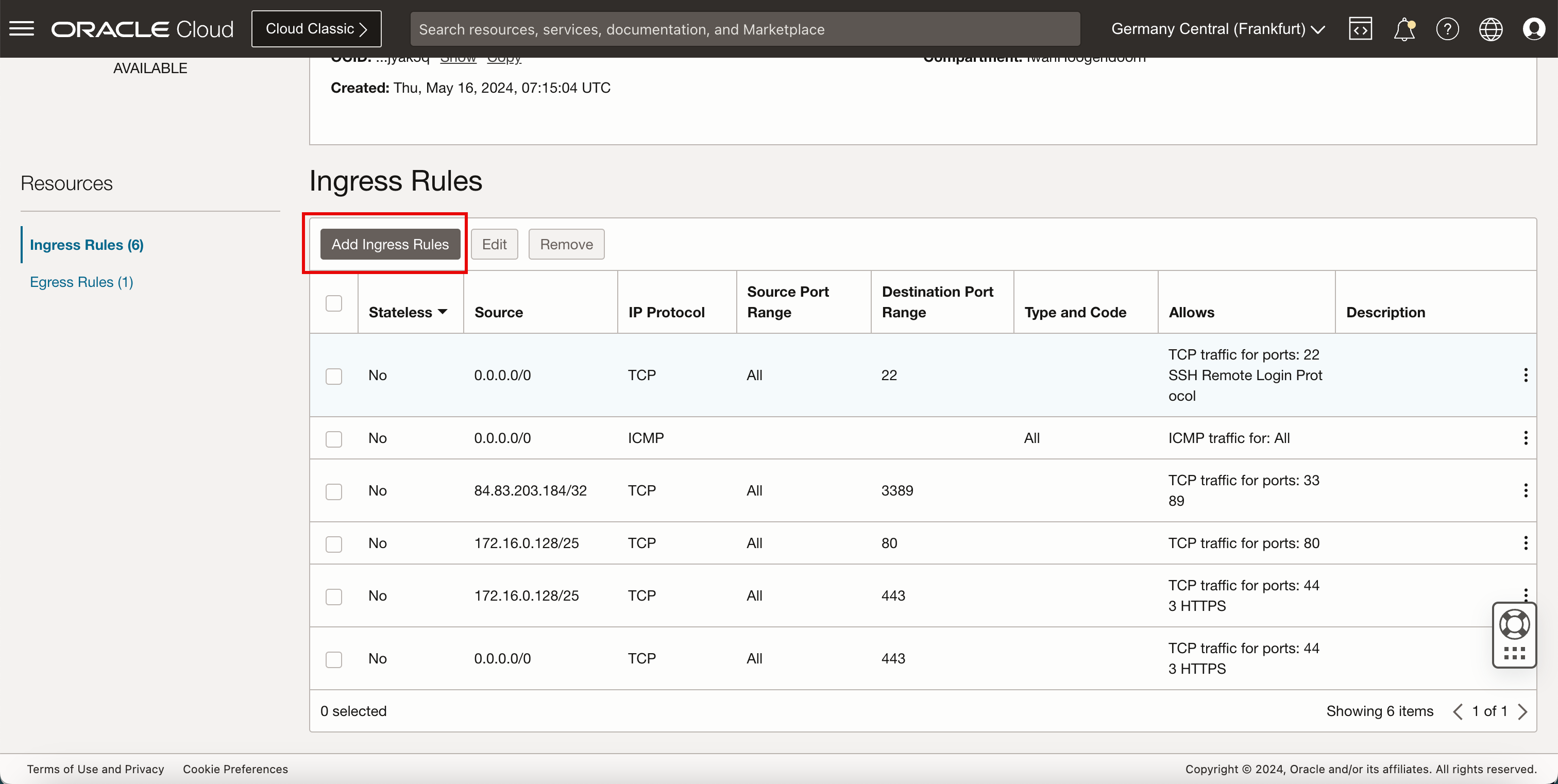

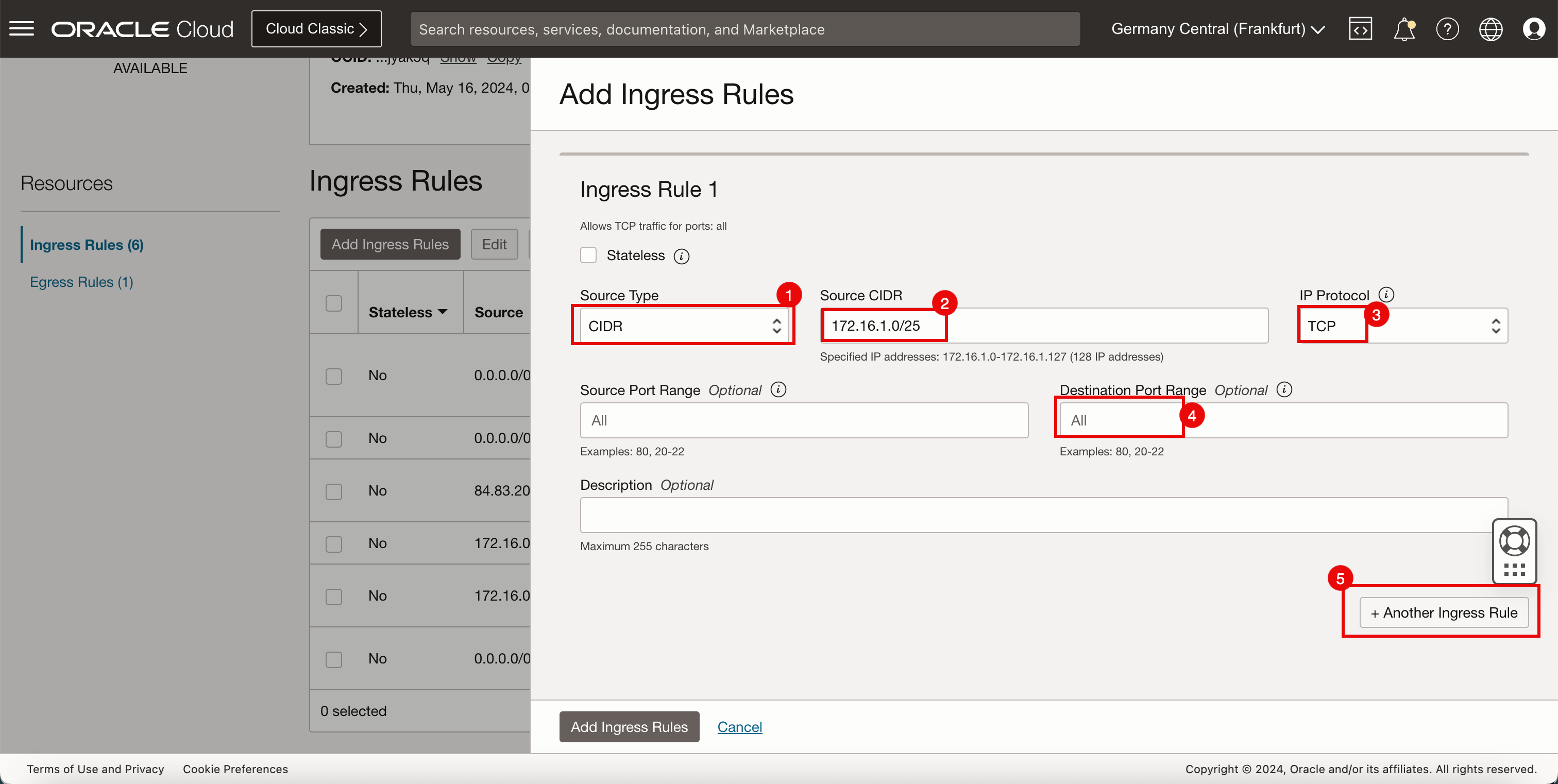

Fare clic su Aggiungi regole di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

0.0.0.0/0. - In IP Protocol selezionare ICMP.

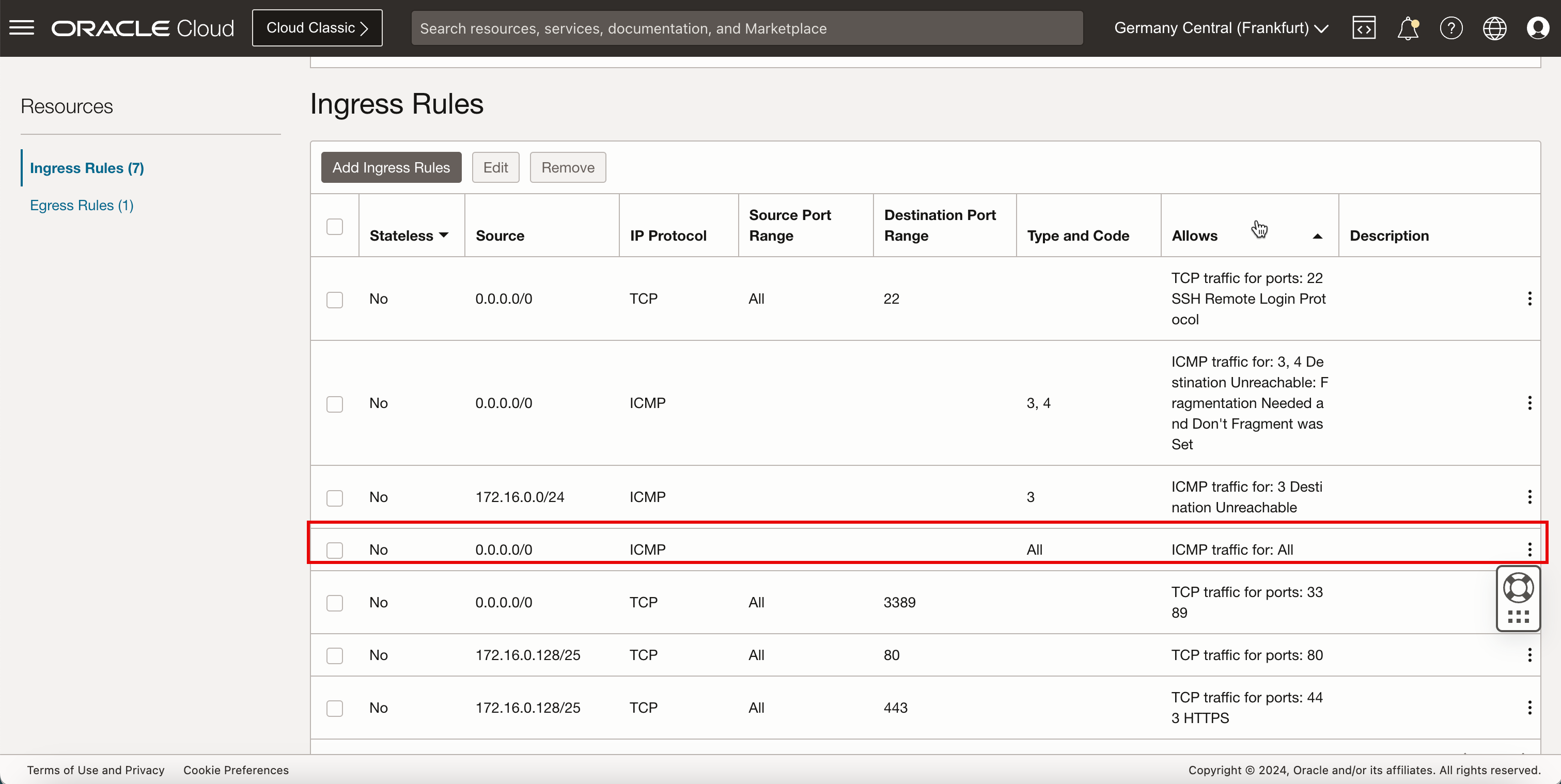

- Fare clic su Aggiungi regole di entrata.

-

Si noti che le regole ICMP vengono aggiunte.

-

Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

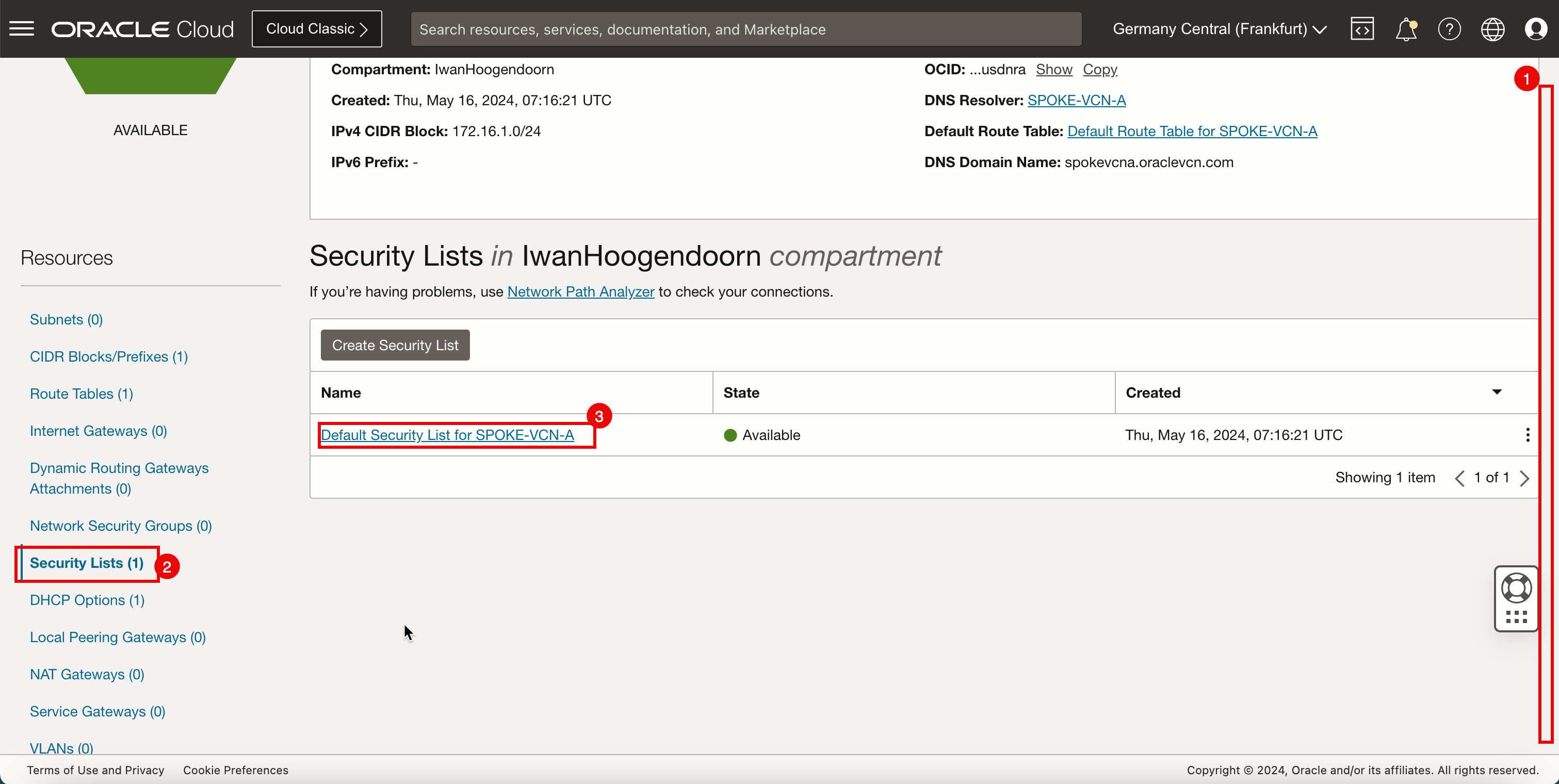

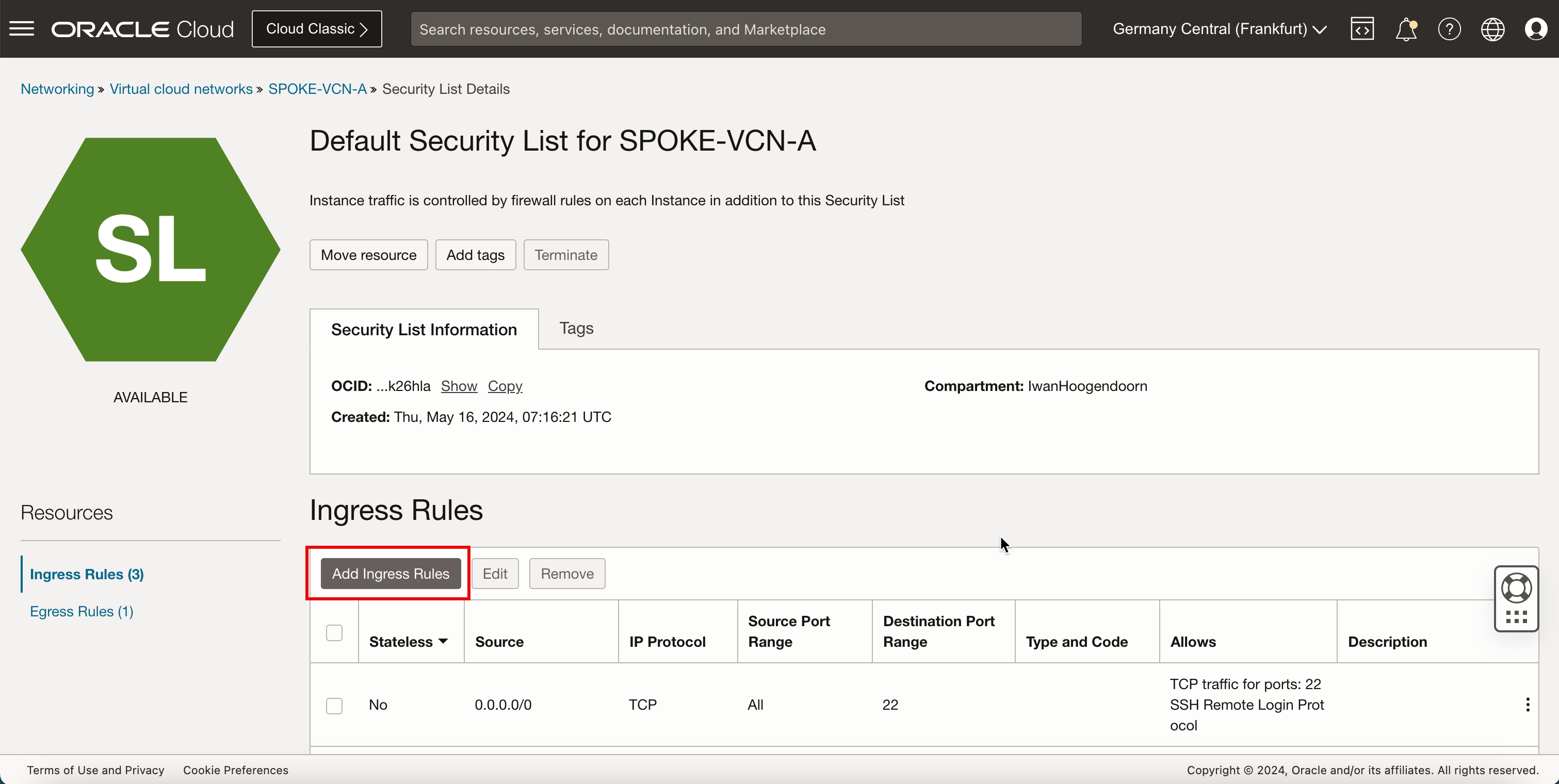

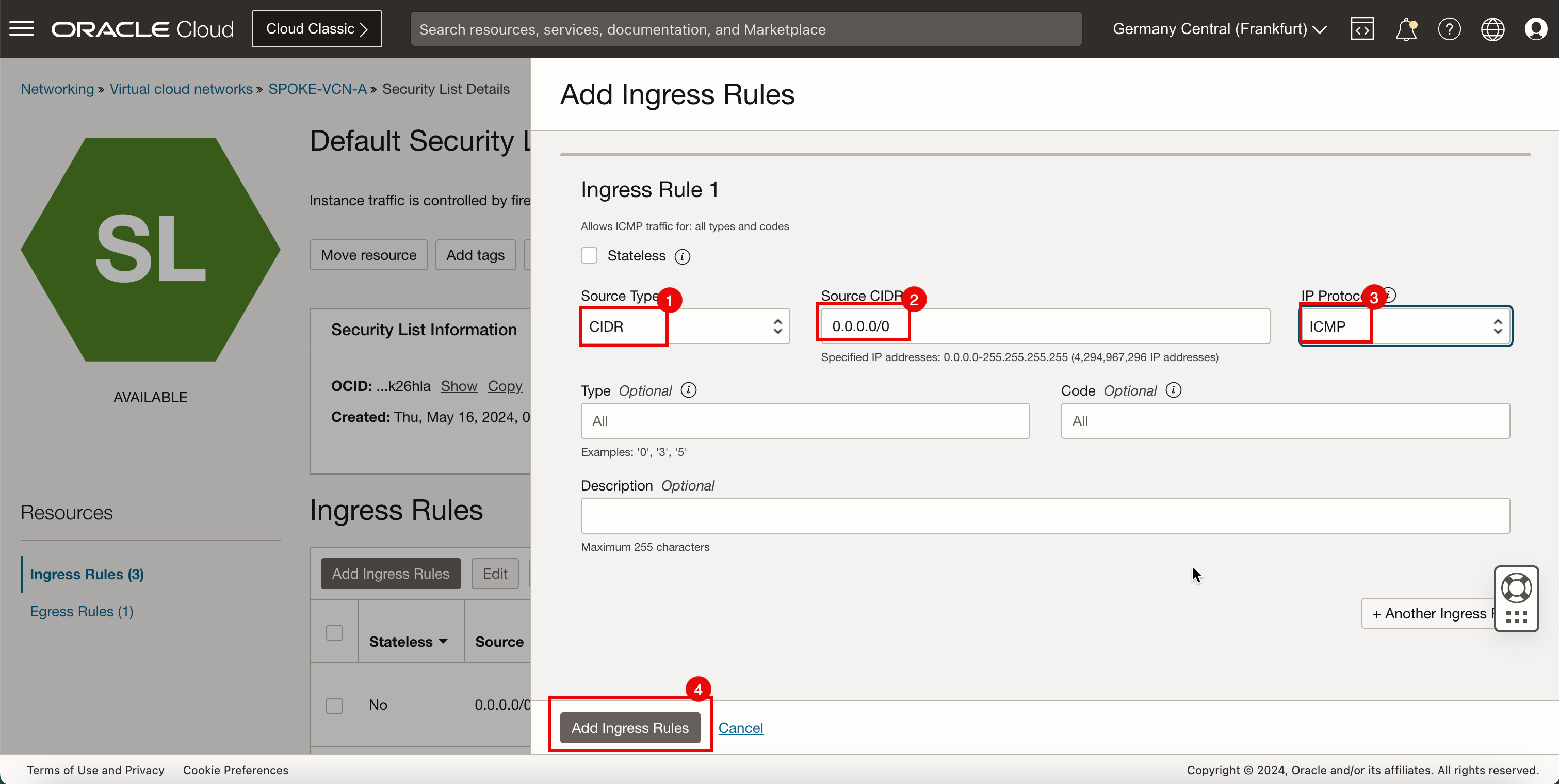

Aggiungi regola di entrata nella VCN spoke A

-

Fare clic sulla VCN A spoke.

- scorrere in Basso.

- Fare clic su Elenchi di sicurezza.

- Fare clic su Lista di sicurezza predefinita per SPOKE-VCN-A

-

Fare clic su Aggiungi regole di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

0.0.0.0/0. - In IP Protocol selezionare ICMP.

- Fare clic su Aggiungi regole di entrata.

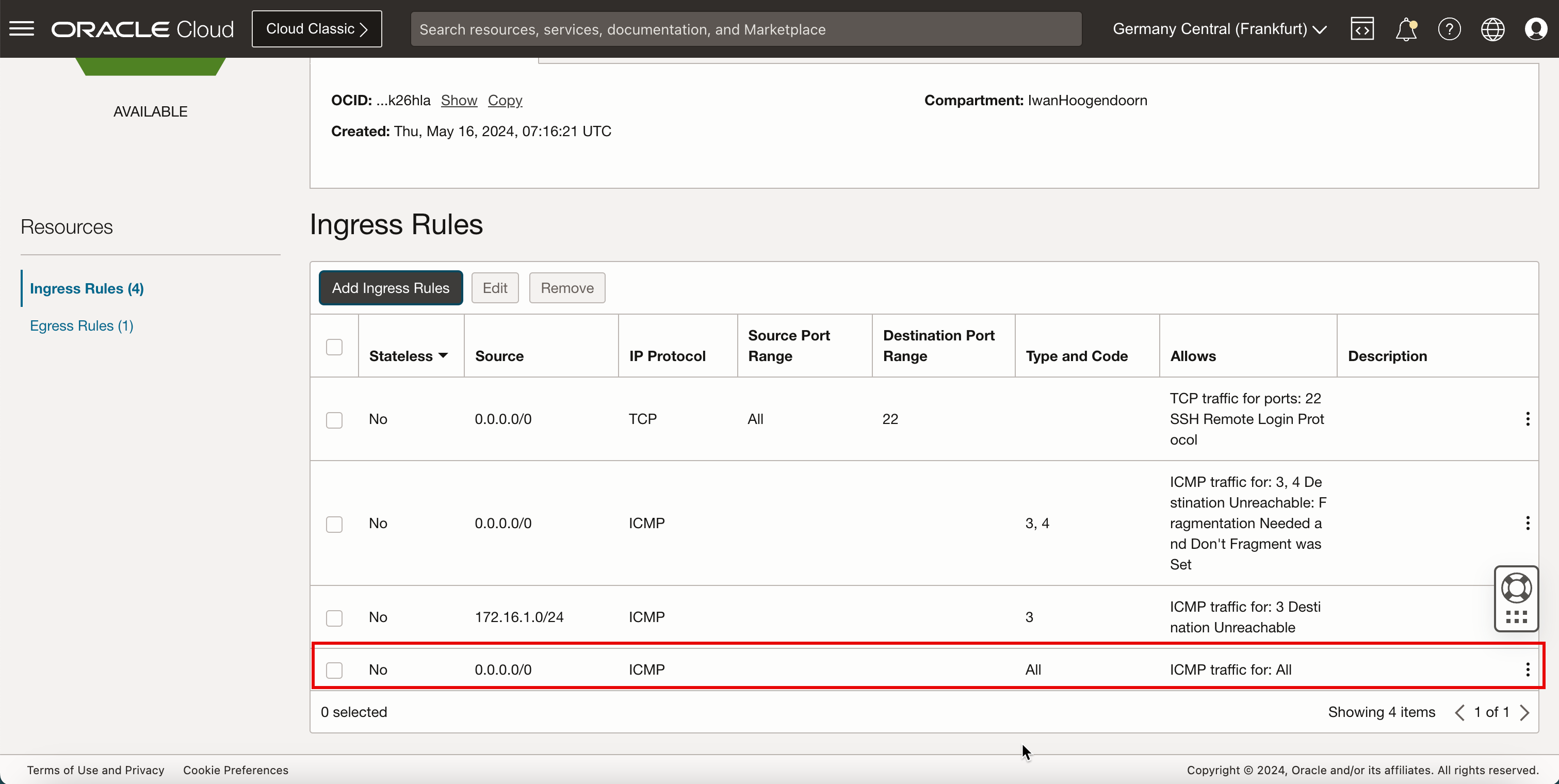

-

Si noti che viene aggiunta la regola ICMP.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

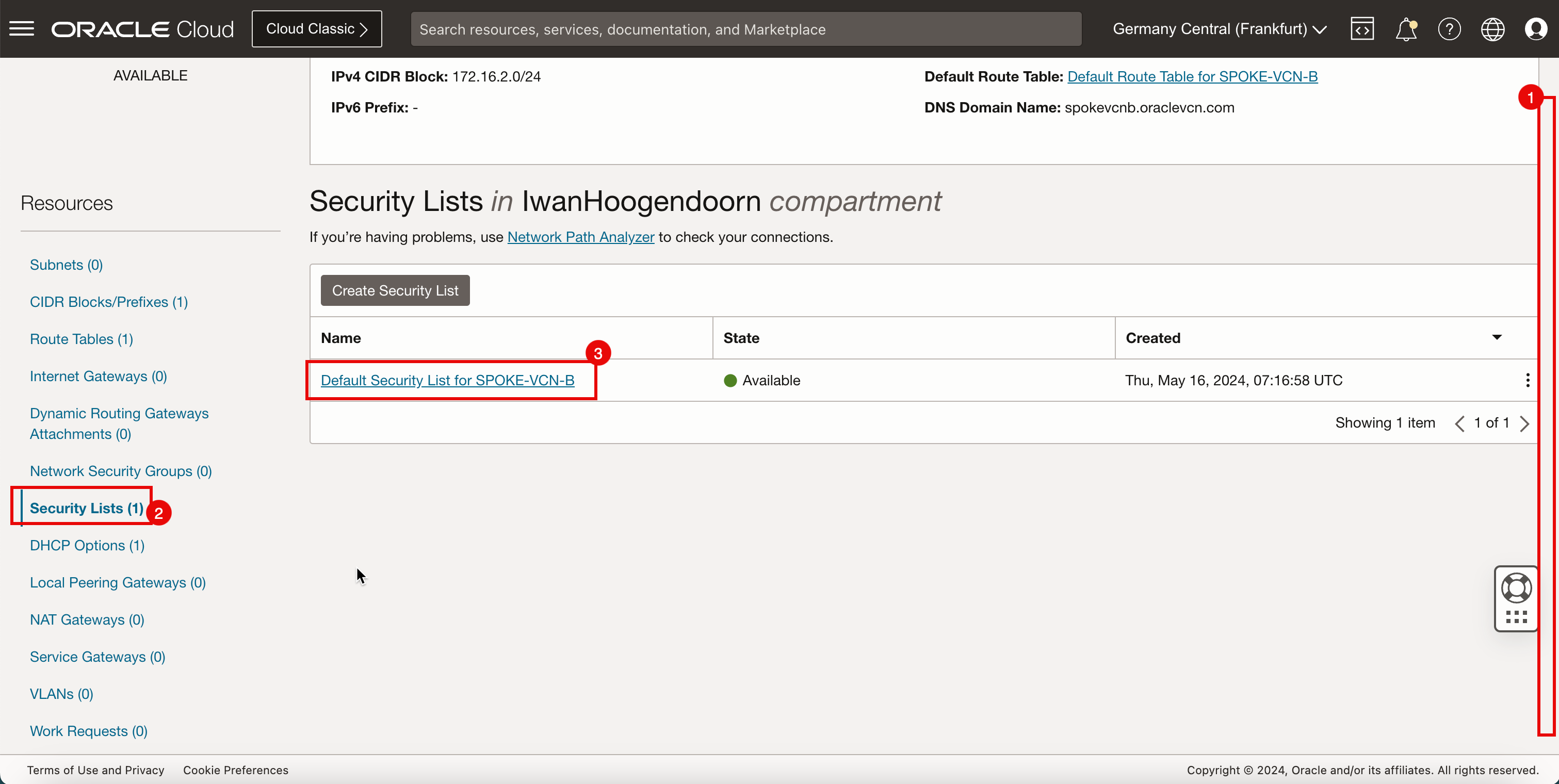

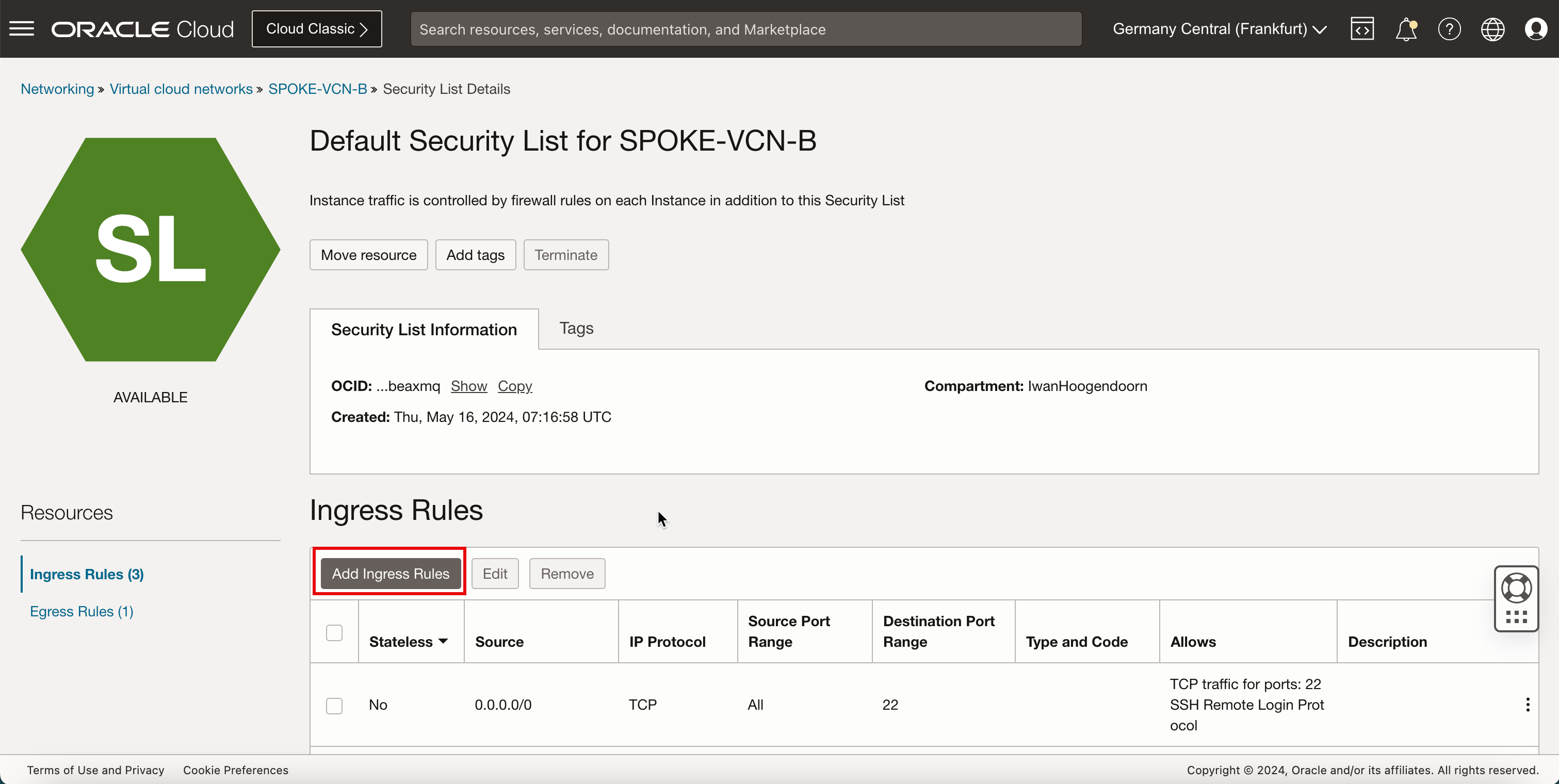

Aggiungi regole di entrata nella VCN spoke B

-

Fare clic sulla VCN B spoke.

- scorrere in Basso.

- Fare clic su Elenchi di sicurezza.

- Fare clic su Lista di sicurezza predefinita per SPOKE-VCN-B

-

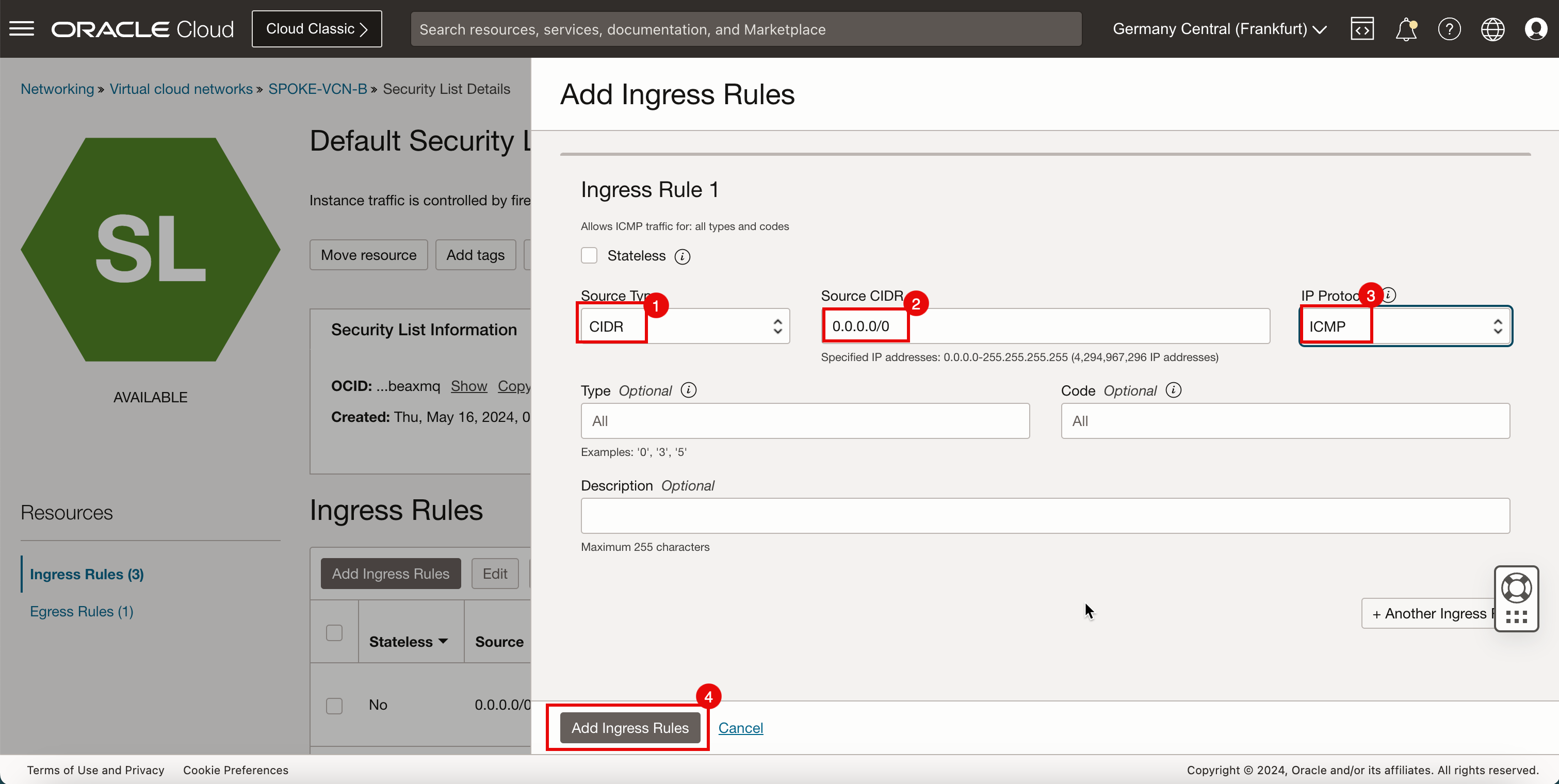

Fare clic su Aggiungi regole di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

0.0.0.0/0. - In IP Protocol selezionare ICMP.

- Fare clic su Aggiungi regole di entrata.

-

Si noti che viene aggiunta la regola ICMP.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

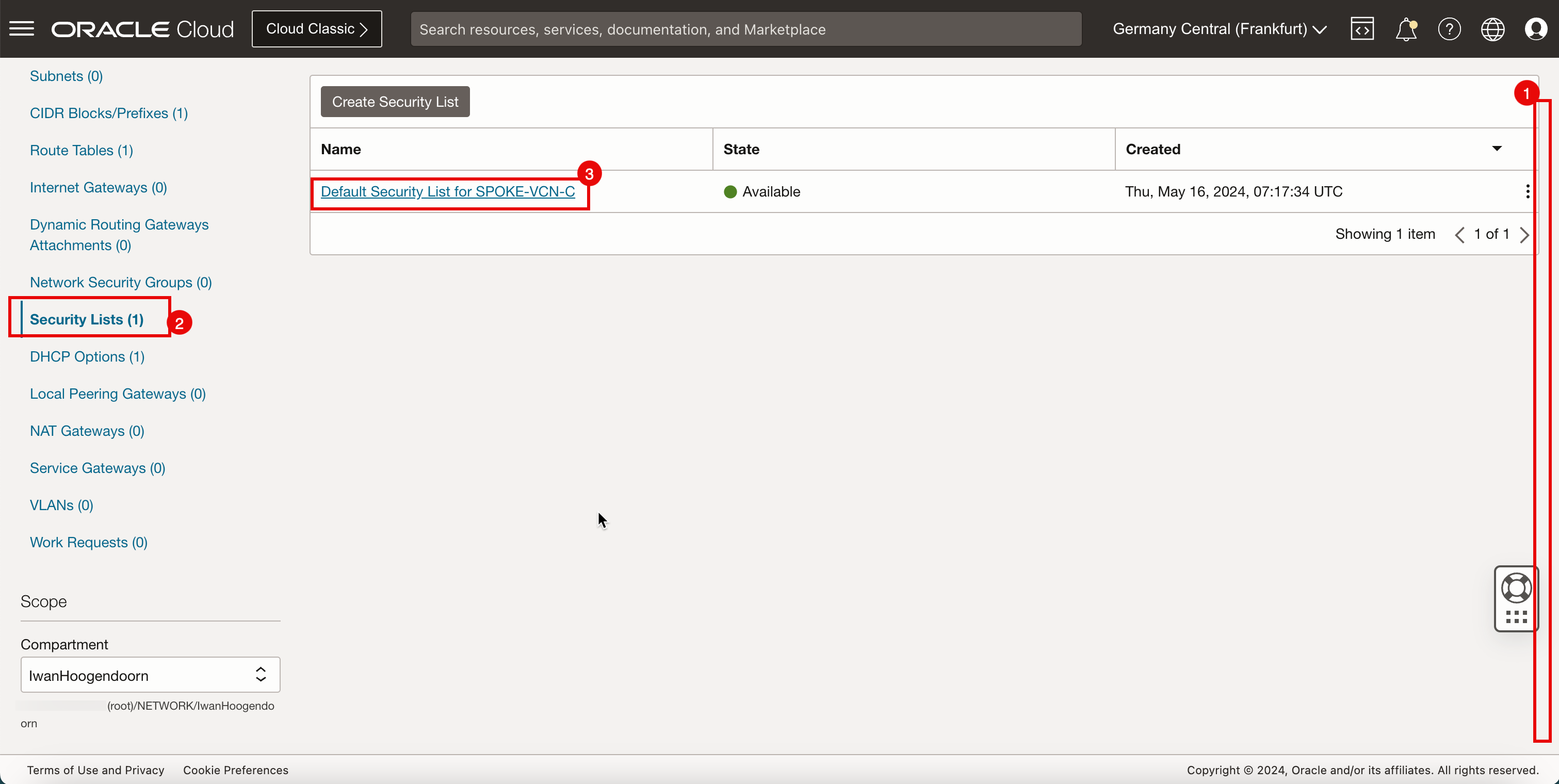

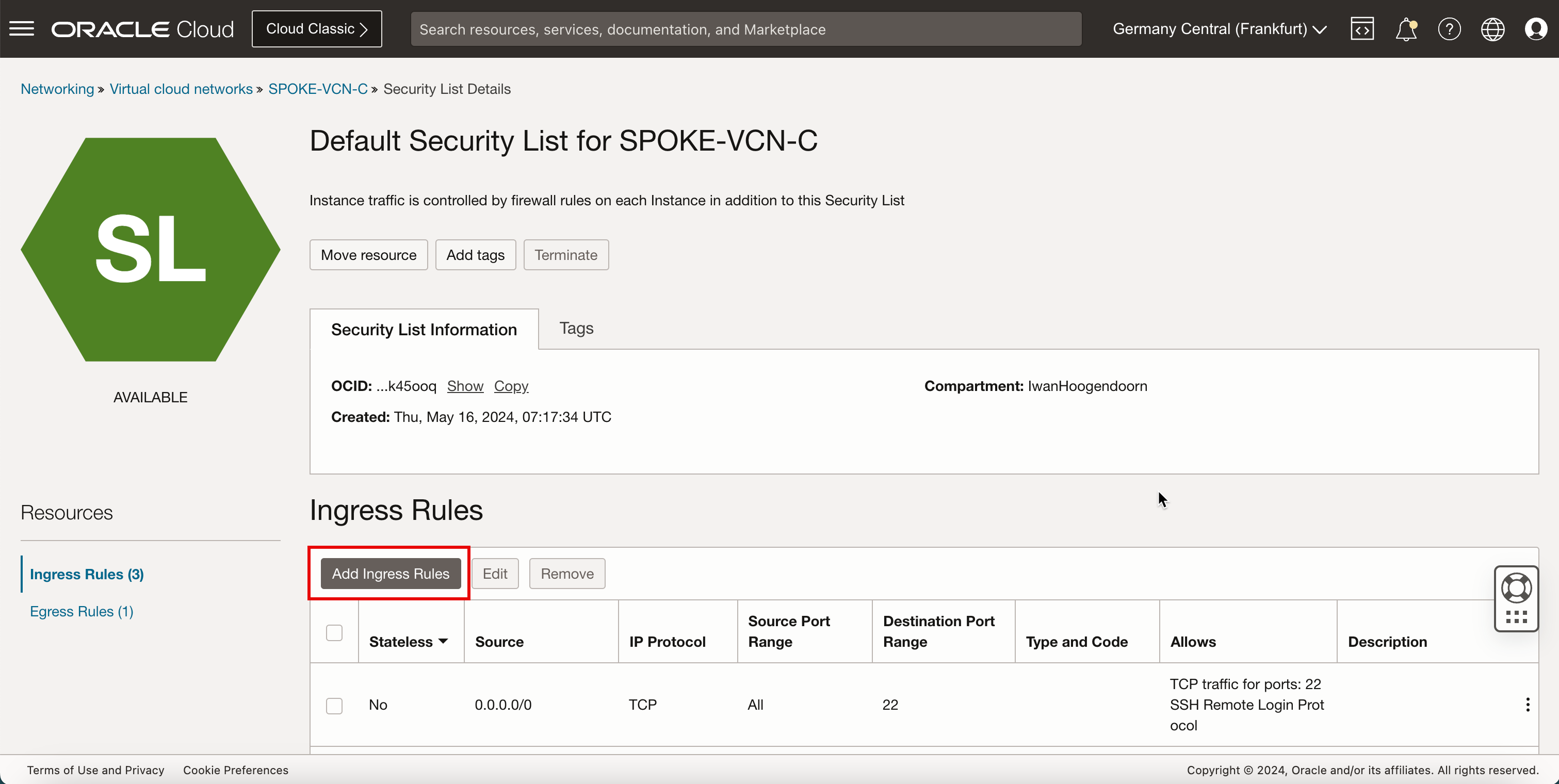

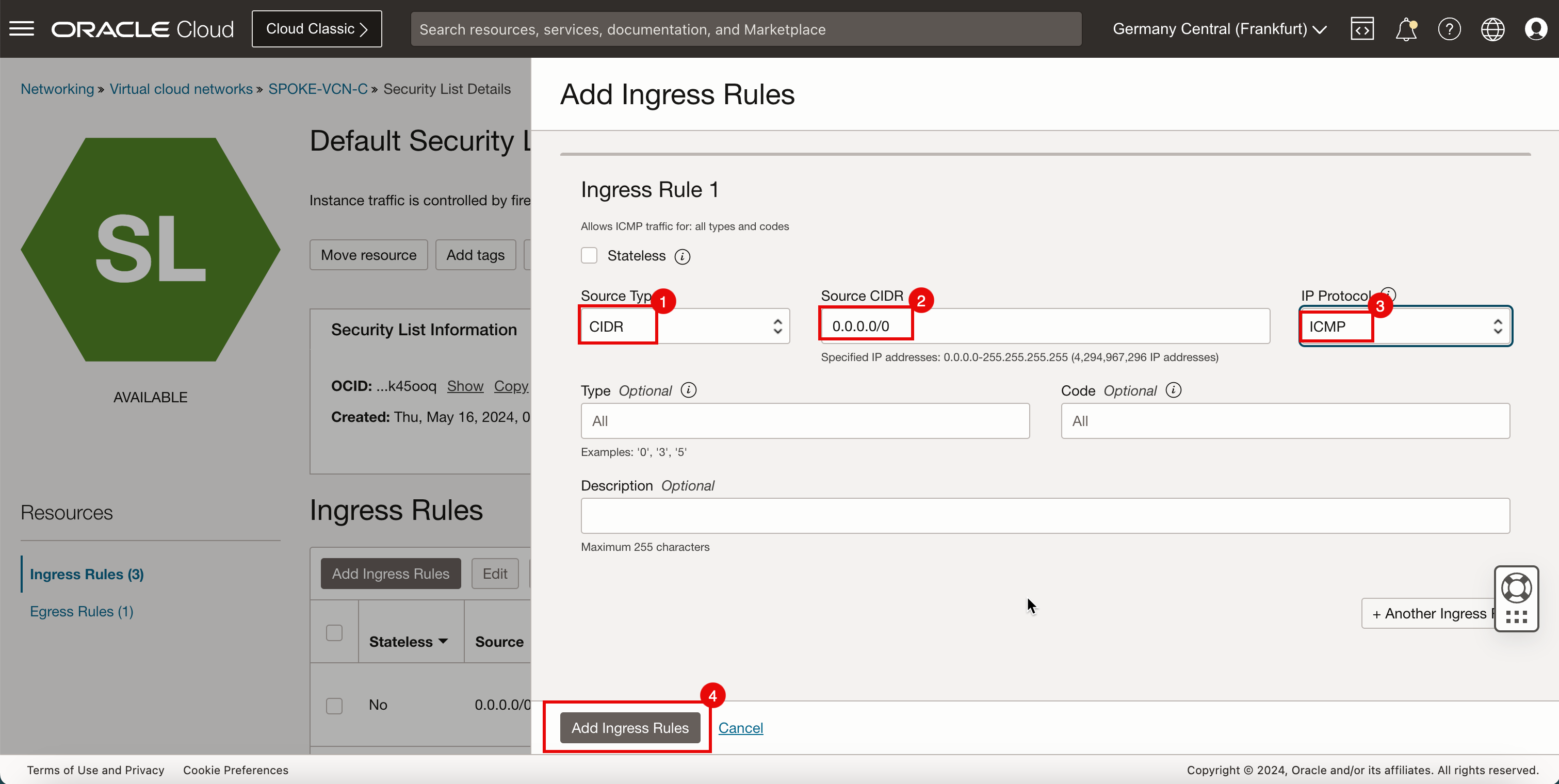

Aggiungi regole di entrata in C della VCN spoke

-

Fare clic su VCN spoke C.

- scorrere in Basso.

- Fare clic su Elenchi di sicurezza.

- Fare clic su Lista di sicurezza predefinita per SPOKE-VCN-C

-

Fare clic su Aggiungi regole di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

0.0.0.0/0. - In IP Protocol selezionare ICMP.

- Fare clic su Aggiungi regole di entrata.

-

Si noti che viene aggiunta la regola ICMP.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 7: Configurare il routing tra le diverse VCN e Internet con Hub Firewall Inspection

Abbiamo già tutti i componenti necessari. Ora, dobbiamo configurare il routing. Prima di poter configurare l'instradamento, è necessario collegare le VCN al DRG.

Successivamente, creeremo i collegamenti necessari per creare tabelle di instradamento VCN, tabelle di instradamento DRG e per associare tali tabelle di instradamento a VCN, collegamenti VCN DRG, subnet e gateway diversi.

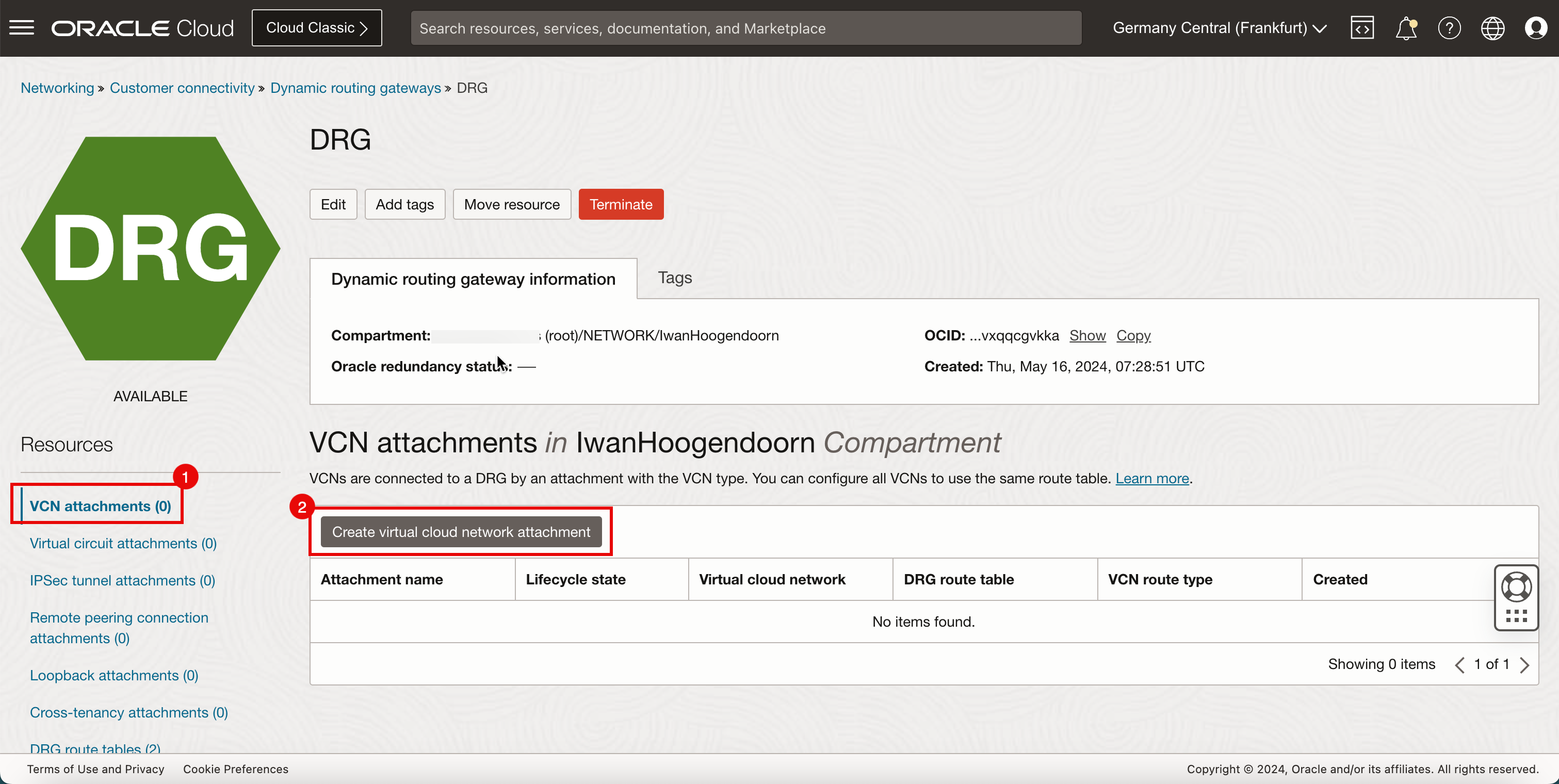

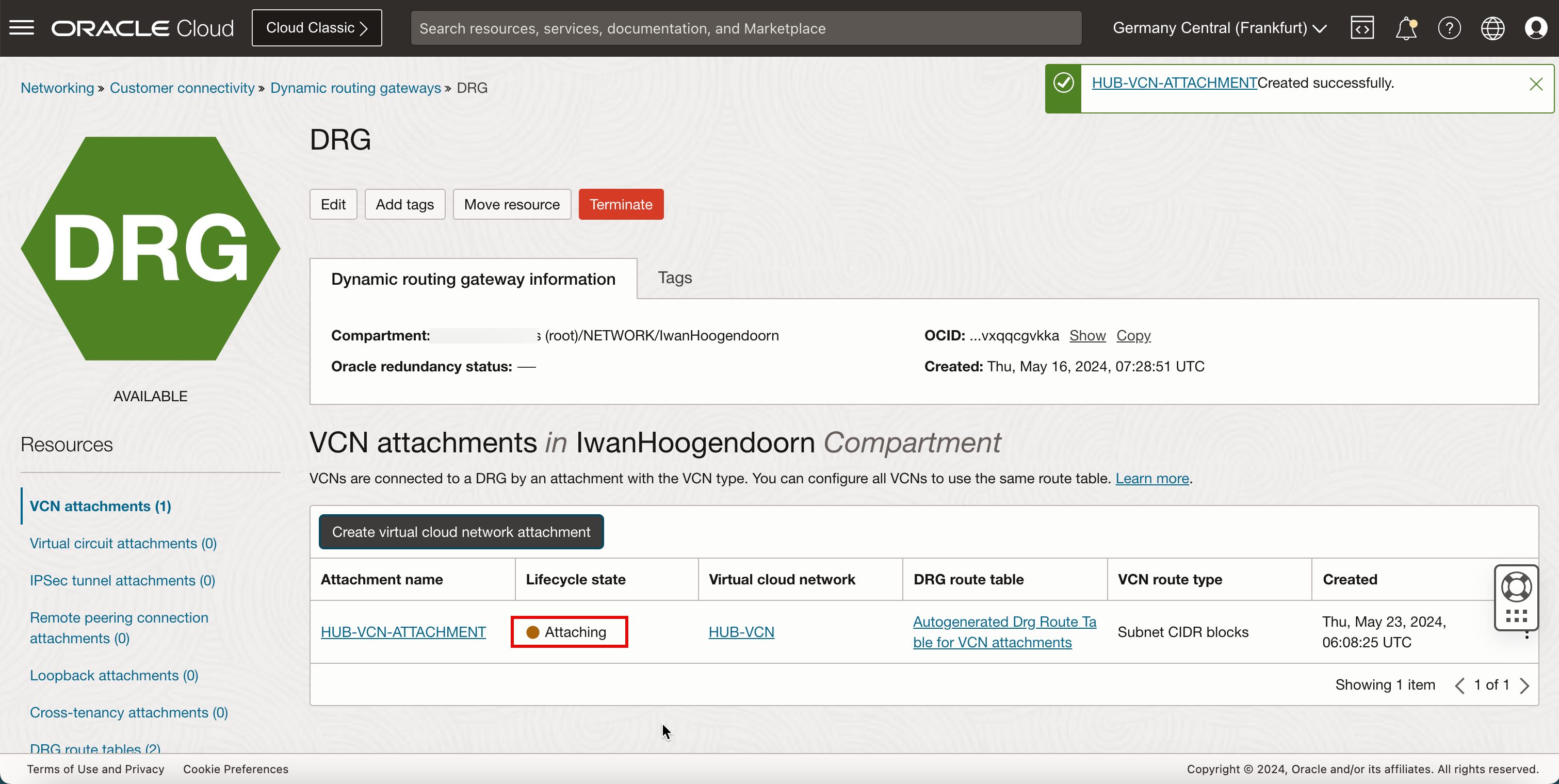

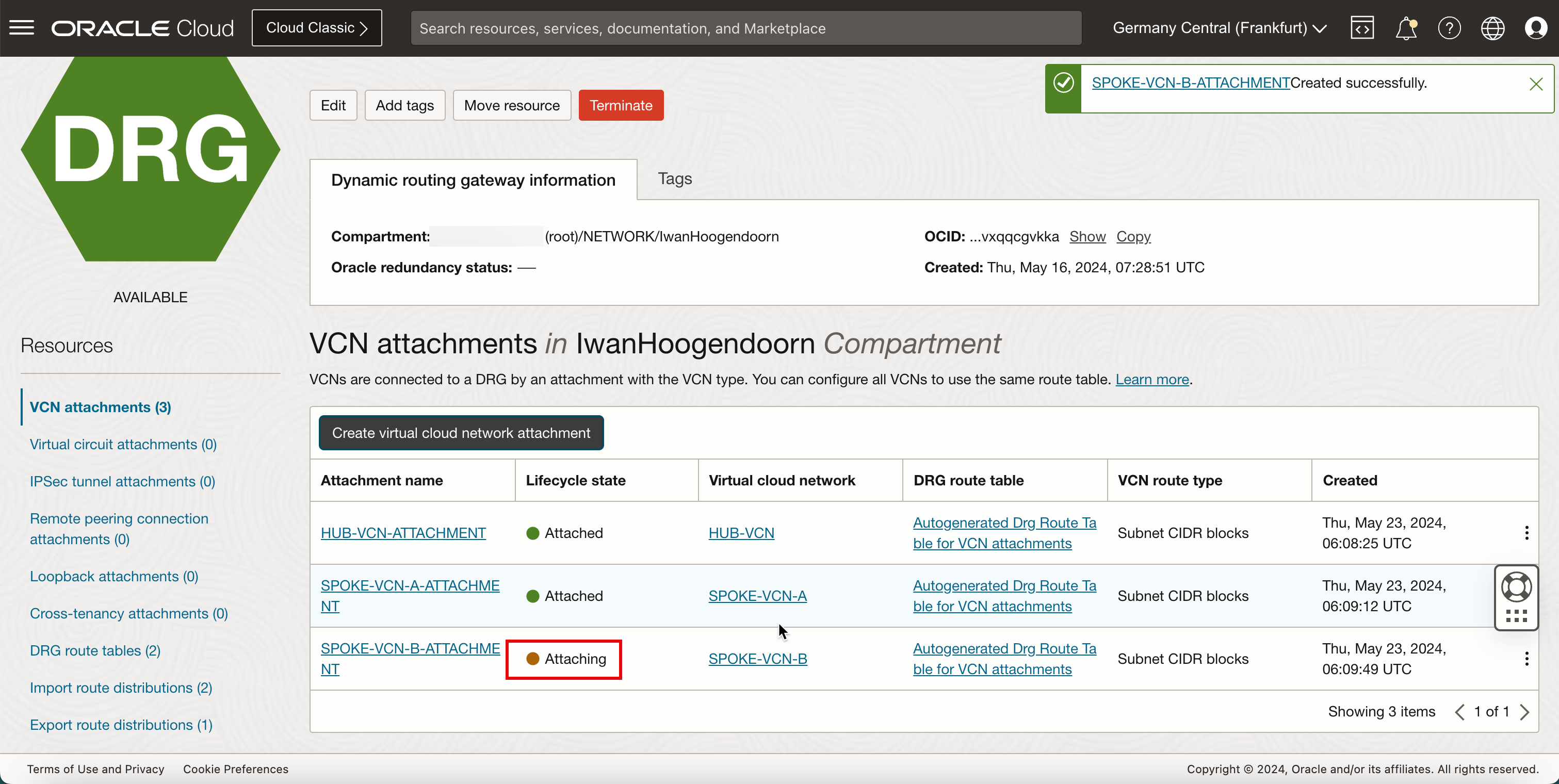

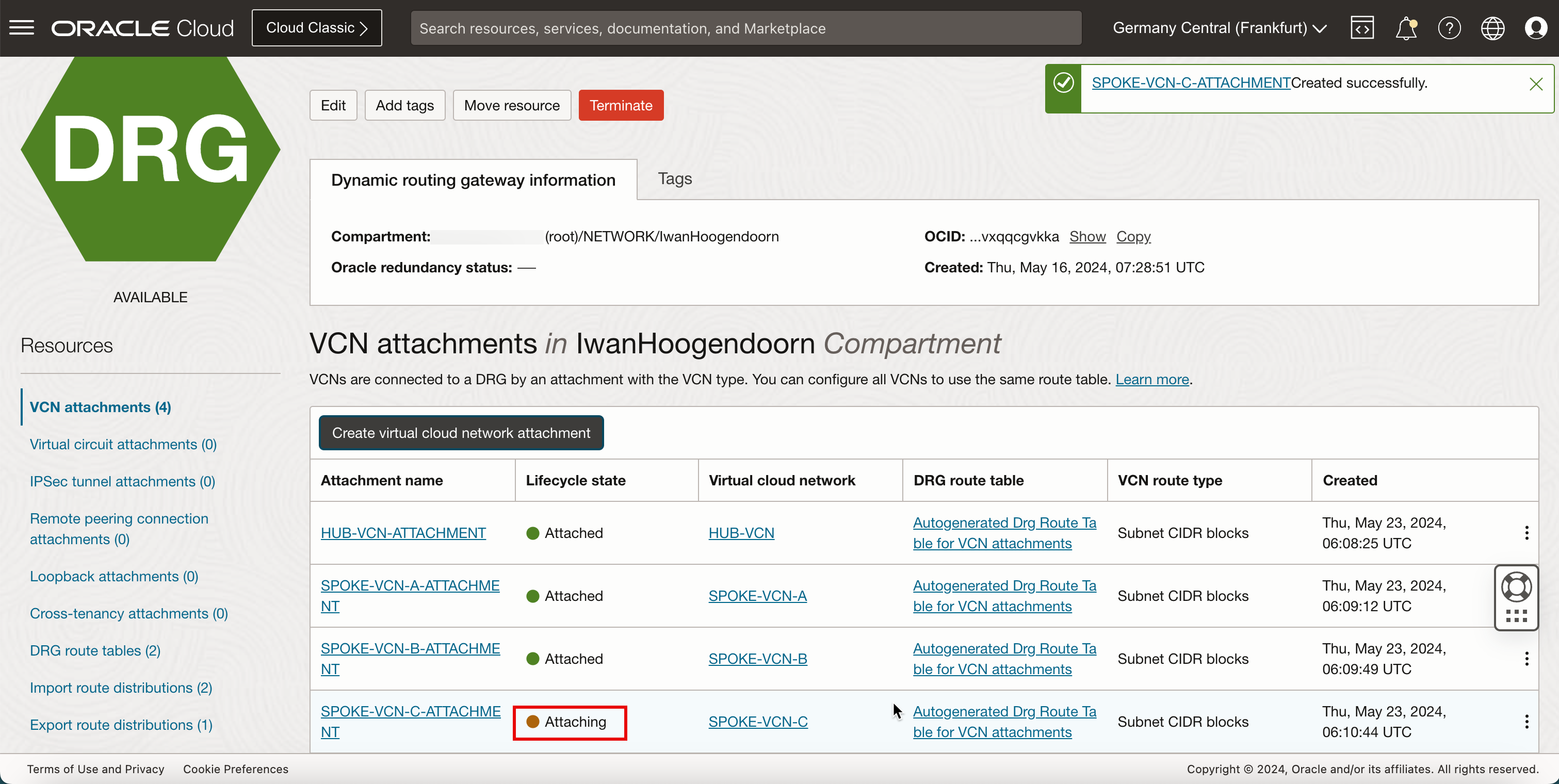

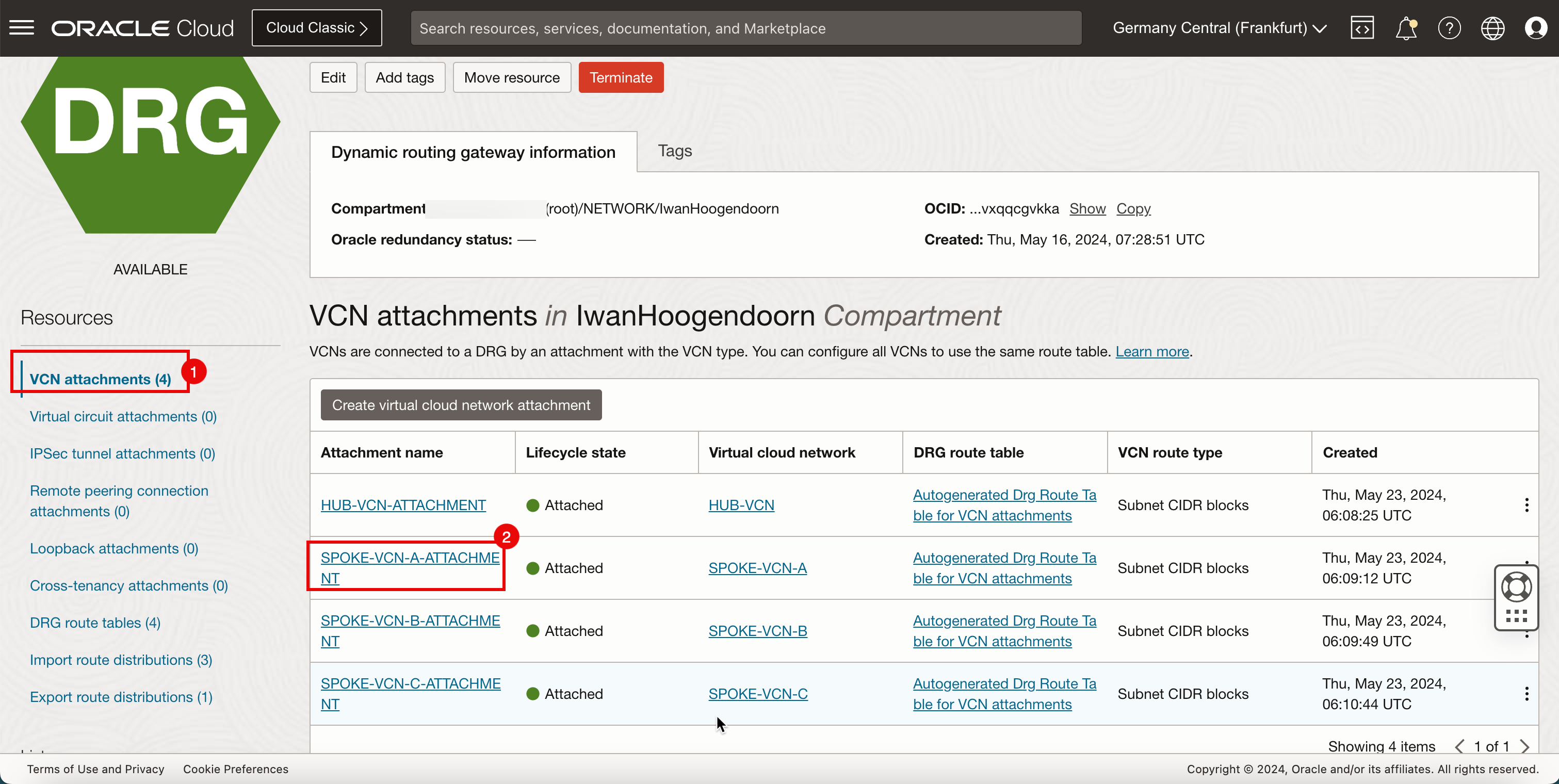

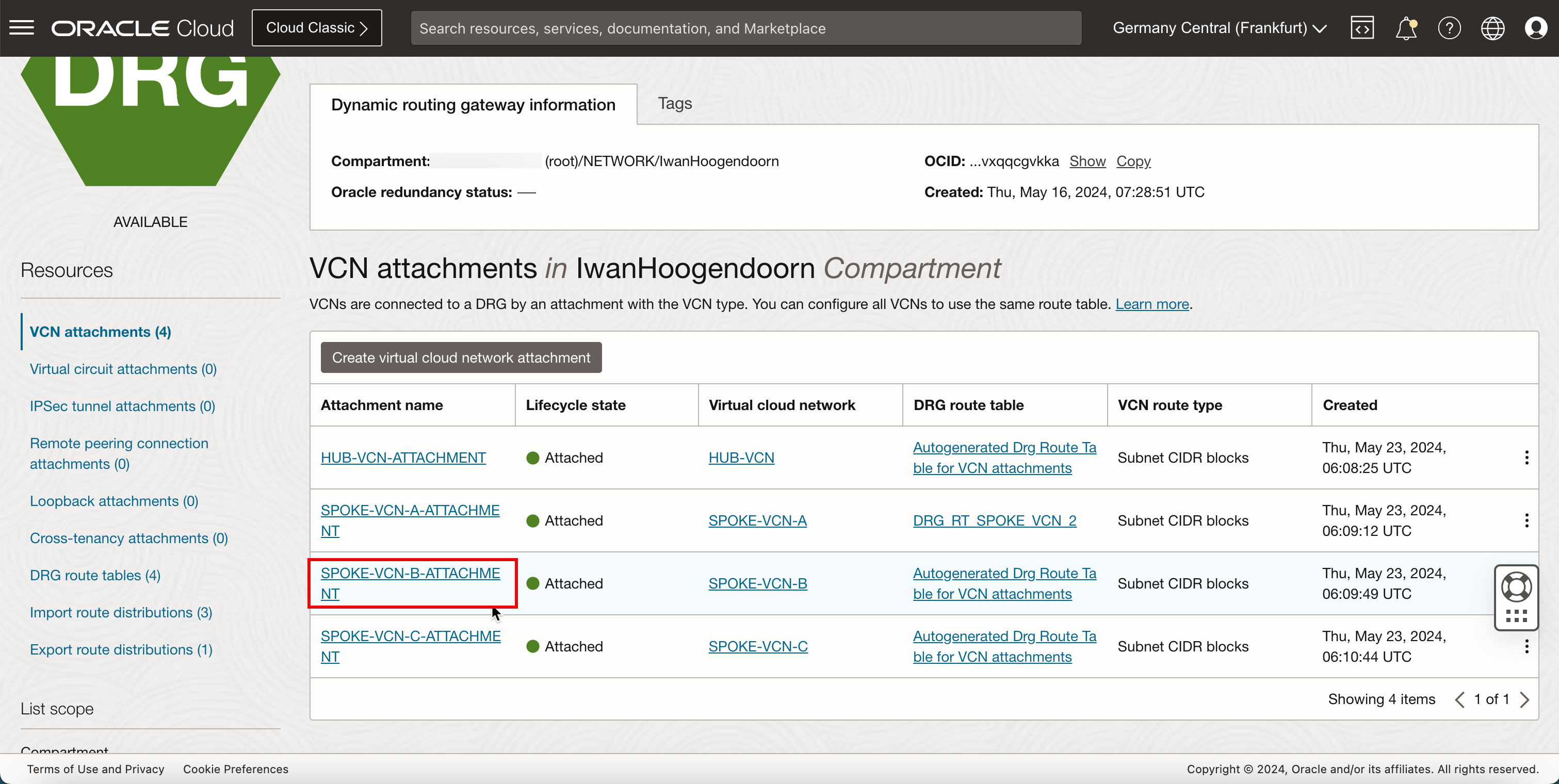

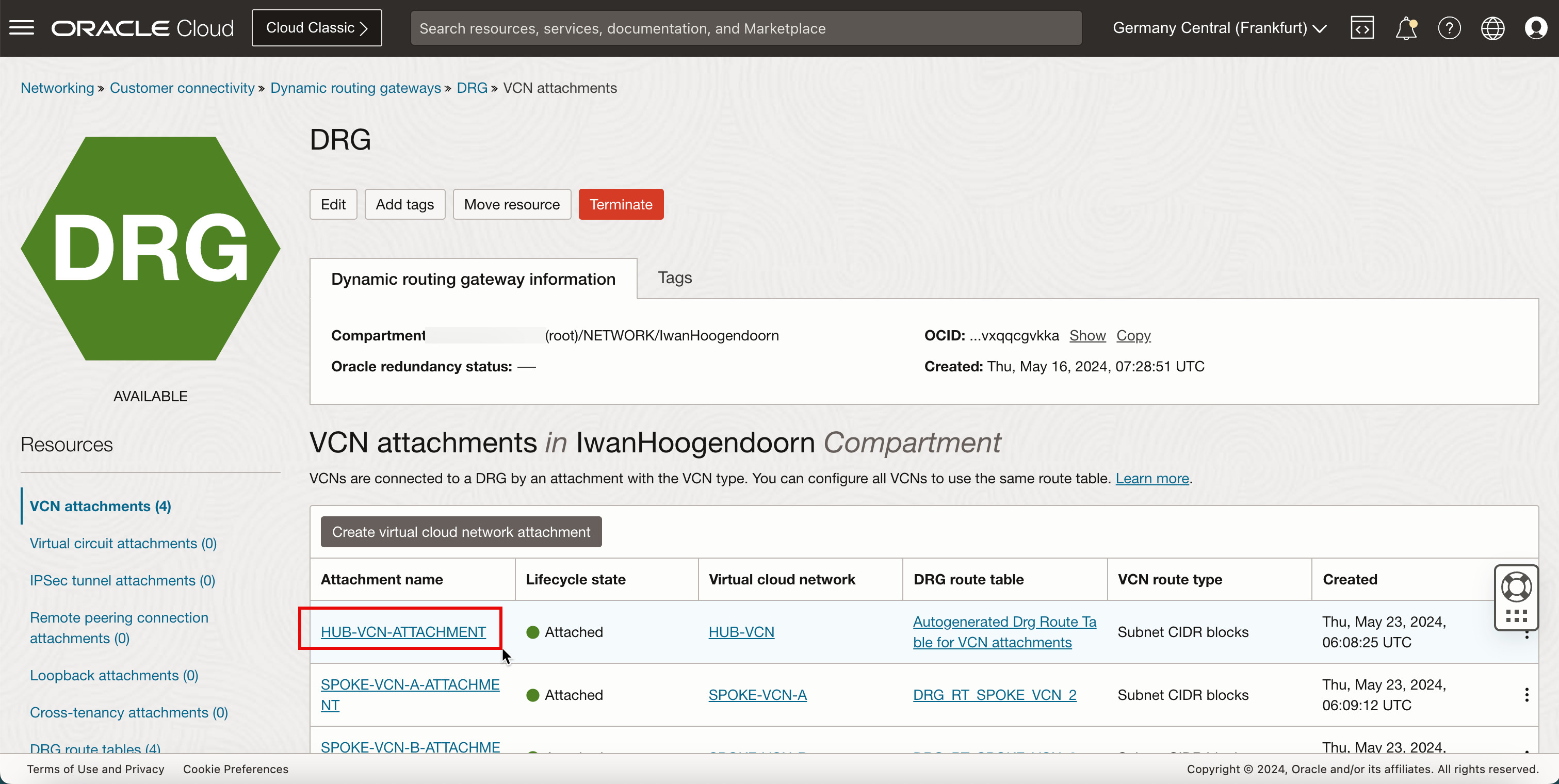

Task 7.1: Crea collegamenti VCN in DRG

-

Crea collegamenti VCN nel DRG.

- Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Gateway di instradamento dinamico.

-

Fare clic sul DRG creato nel task 3.

- Fare clic su Collegamenti VCN.

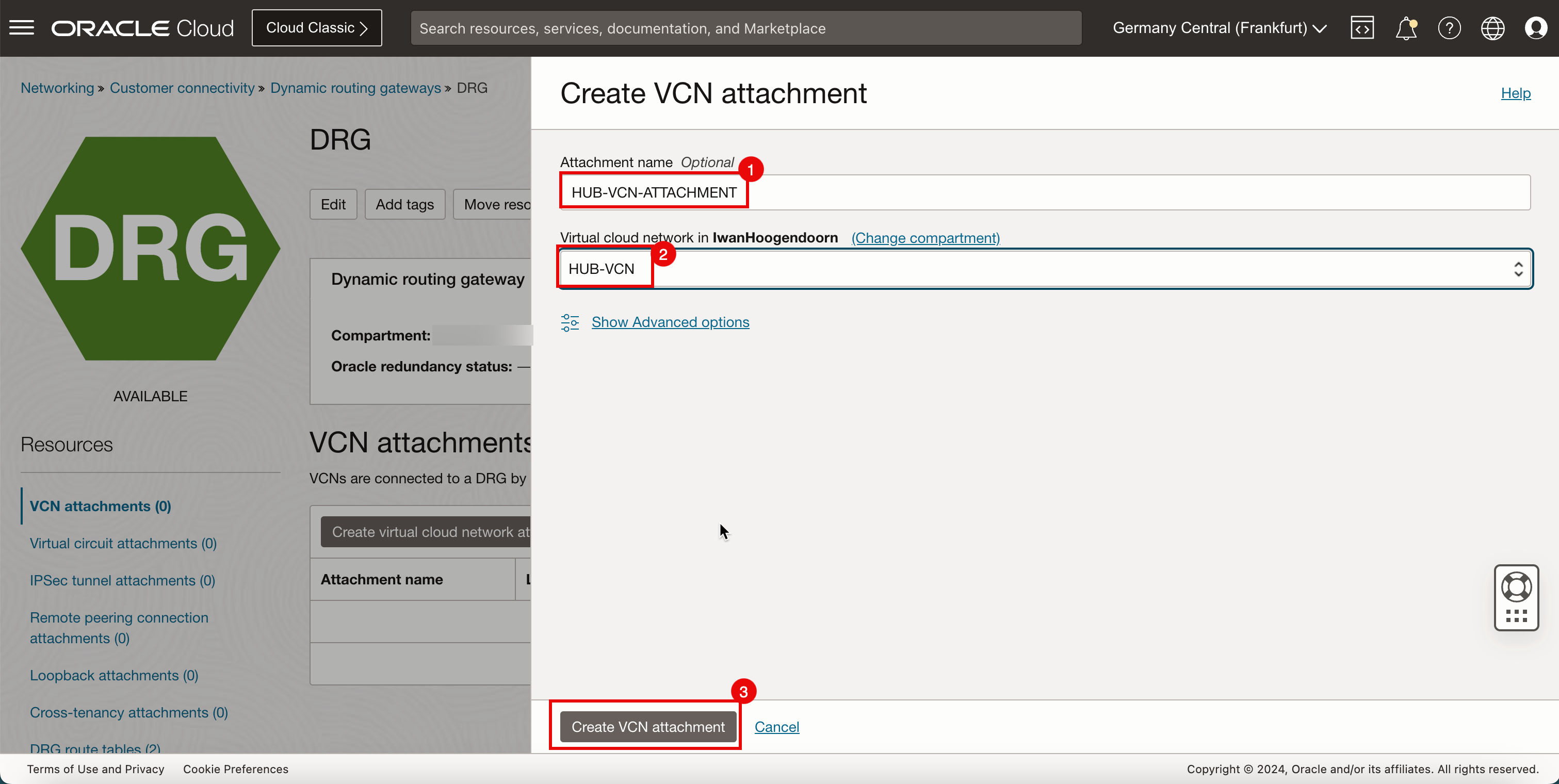

- Fare clic su Crea collegamento a rete virtuale.

- Immettere un nome di collegamento per la VCN hub.

- Selezionare la VCN hub.

- Fare clic su Crea collegamento a VCN.

-

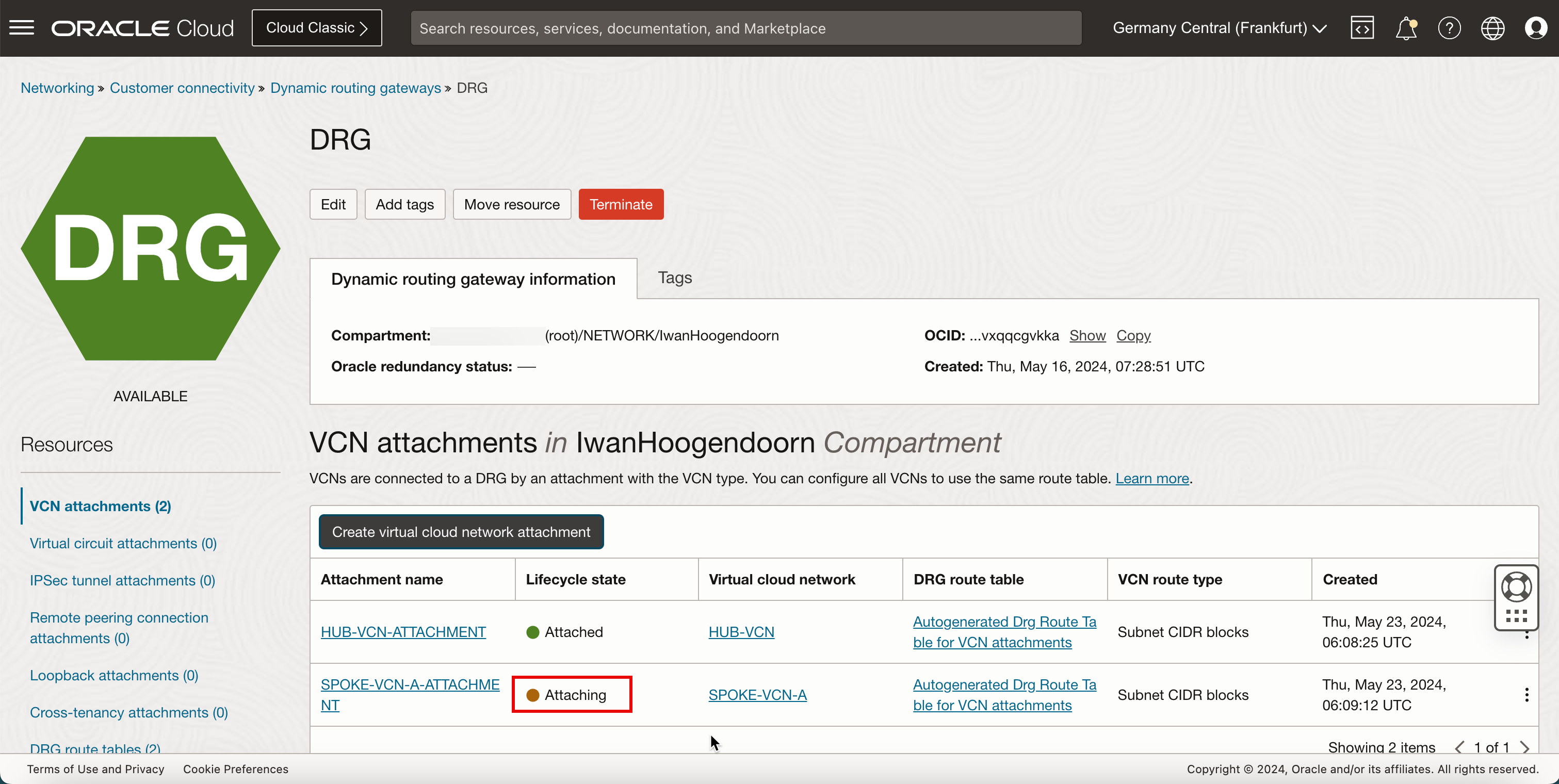

Si noti che lo stato della VCN hub è Collegamento.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

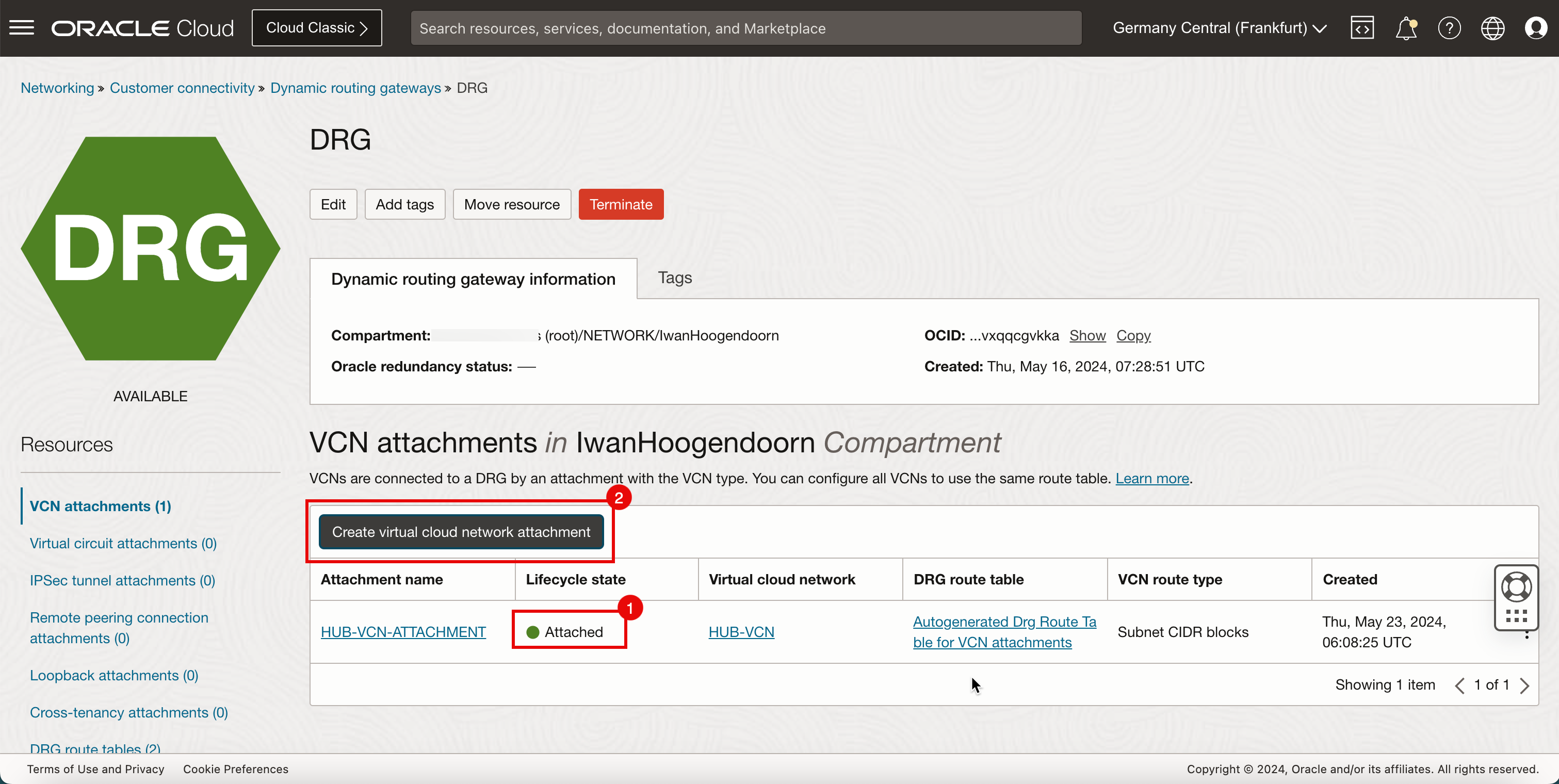

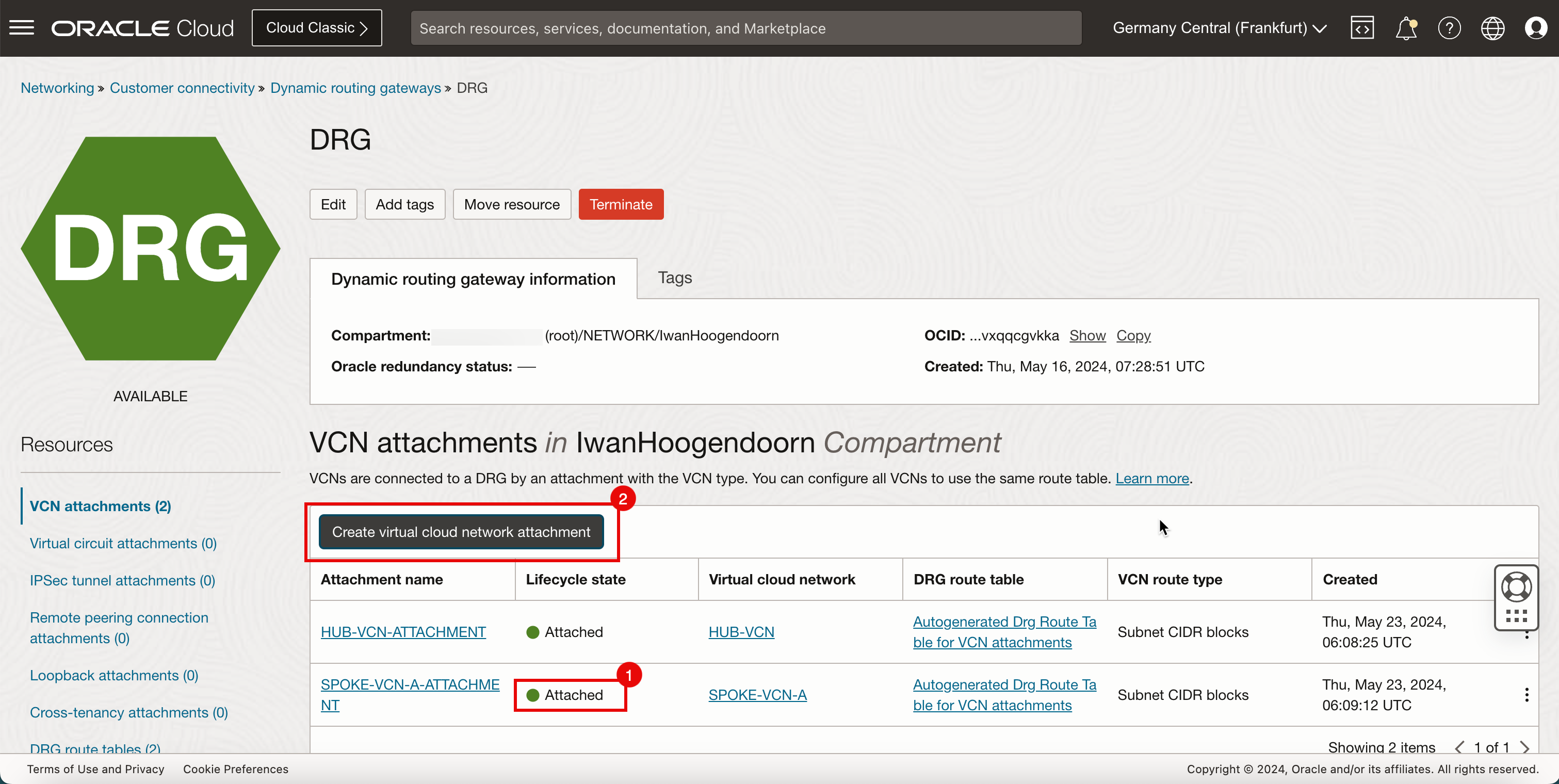

- Si noti che lo stato della VCN hub è stato modificato in Collegato.

- Fare clic su Crea collegamento a rete virtuale per creare l'allegato successivo.

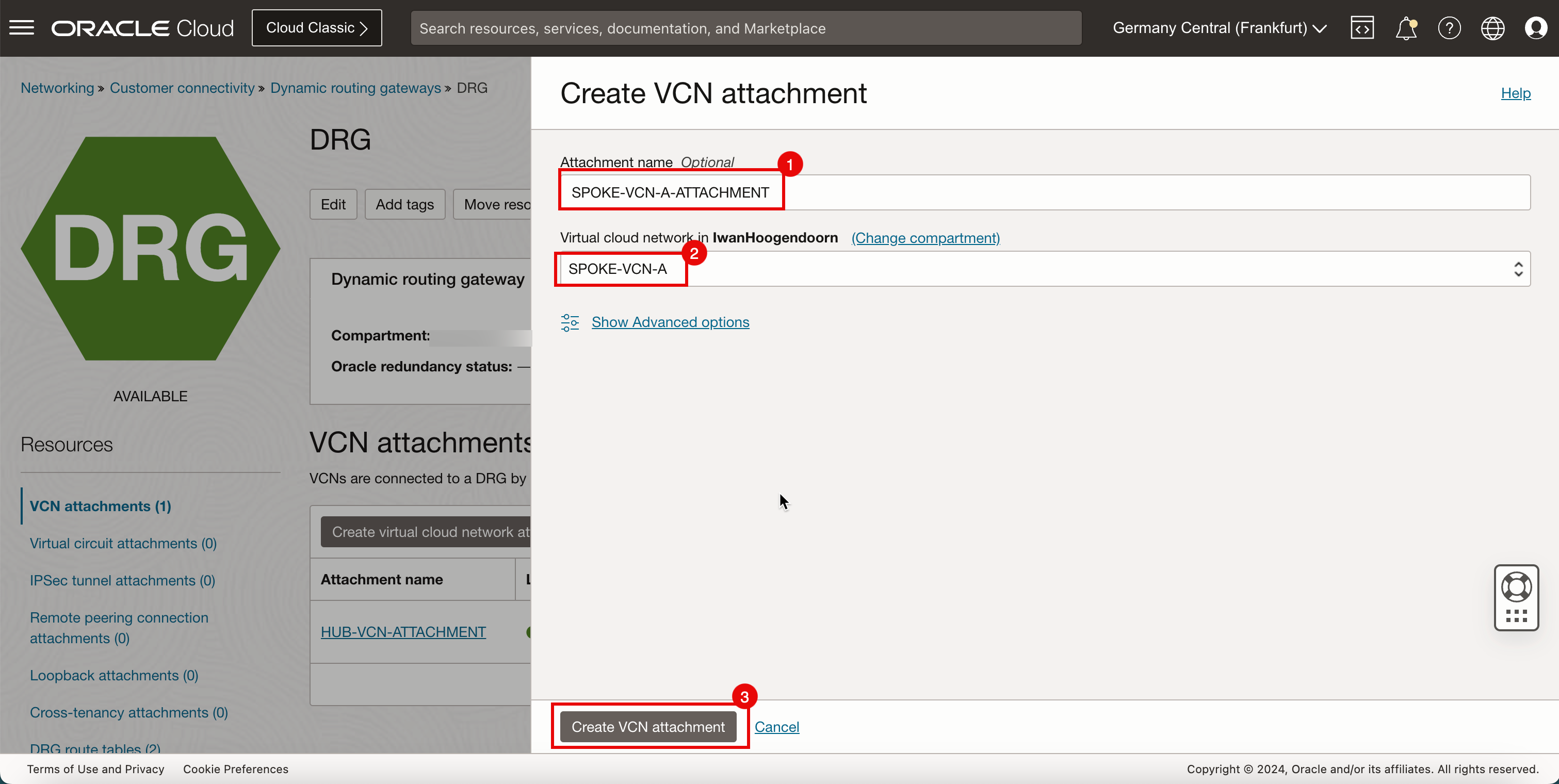

- Immettere il nome dell'allegato per la VCN A spoke.

- Selezionare la VCN A spoke.

- Fare clic su Crea collegamento a VCN.

-

Tenere presente che lo stato della VCN spoke A è Collegamento.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

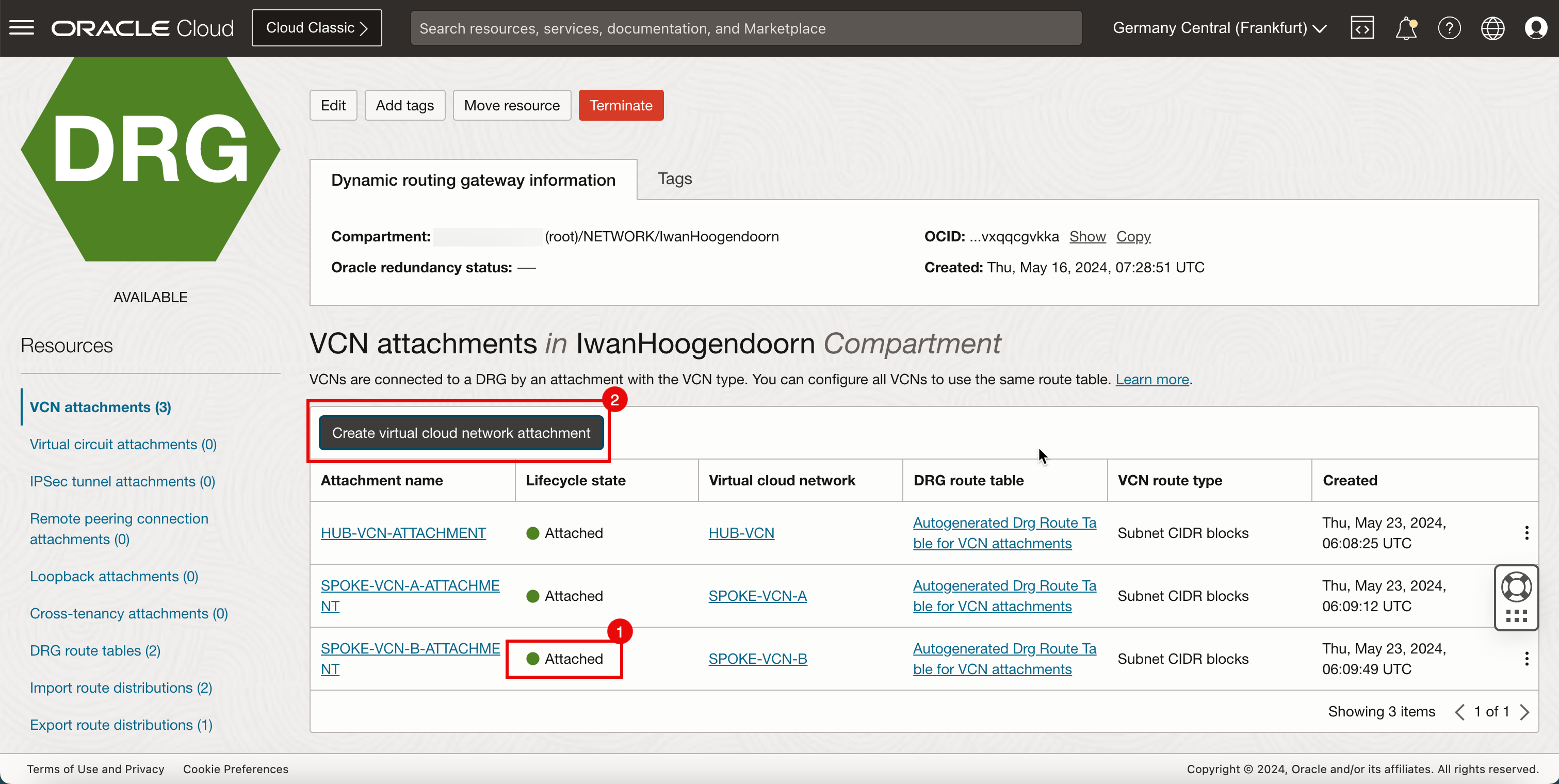

- Si noti che lo stato della VCN spoke A è stato modificato in Allegato.

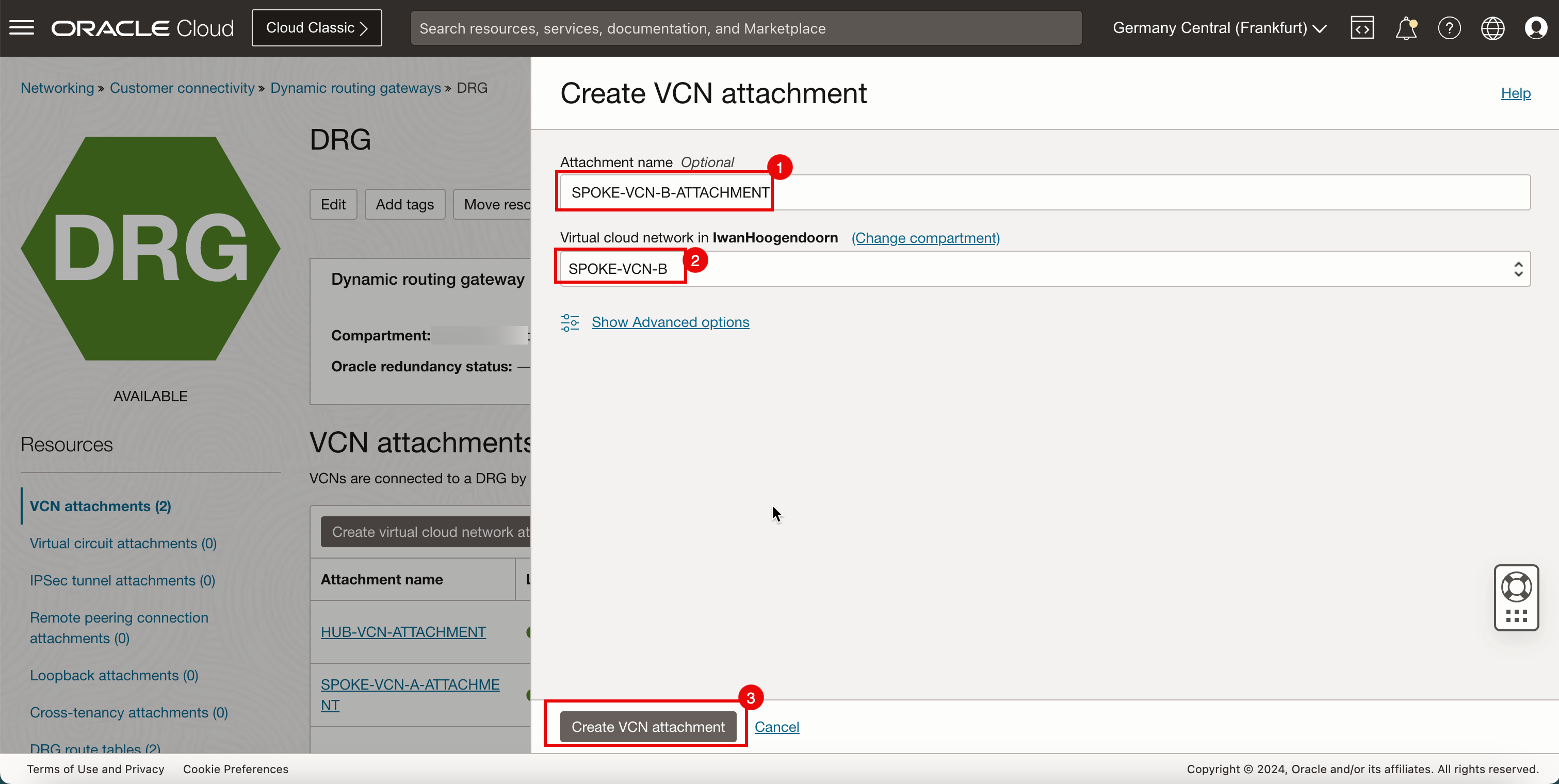

- Fare clic su Crea collegamento a rete virtuale per creare l'allegato successivo.

- Immettere il nome dell'allegato per la VCN B spoke.

- Selezionare la VCN B spoke.

- Fare clic su Crea collegamento a VCN.

-

Tenere presente che lo stato della VCN B spoke è Collegamento.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

- Lo stato della VCN B spoke è stato modificato in Collegato.

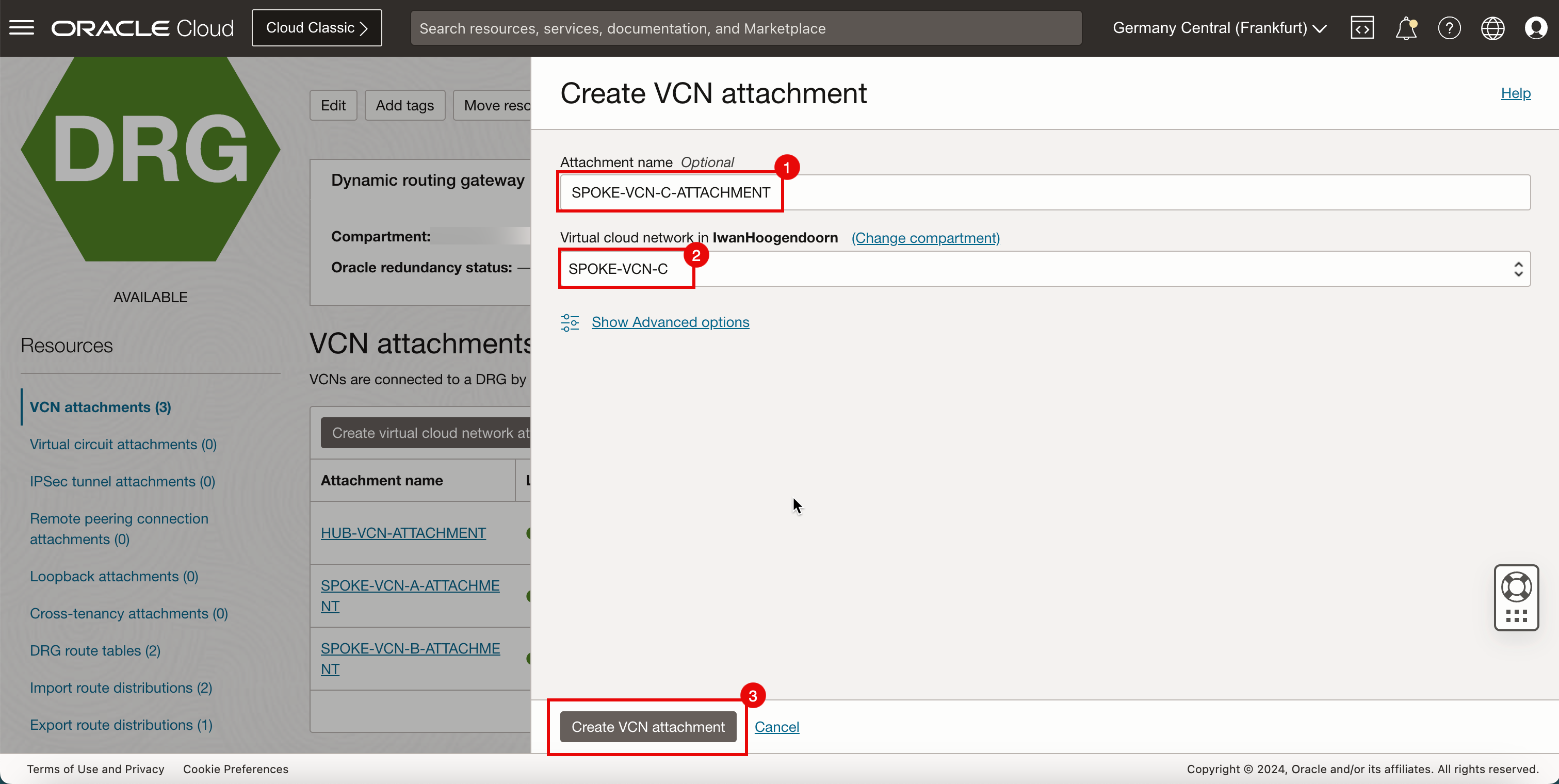

- Fare clic su Crea collegamento a rete virtuale per creare l'allegato successivo.

- Immettere un nome allegato per la VCN C spoke.

- Selezionare la VCN C spoke.

- Fare clic su Crea collegamento a VCN.

-

Tenere presente che lo stato della VCN C spoke è Collegamento.

-

Lo stato della VCN C spoke è stato modificato in Allegato.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

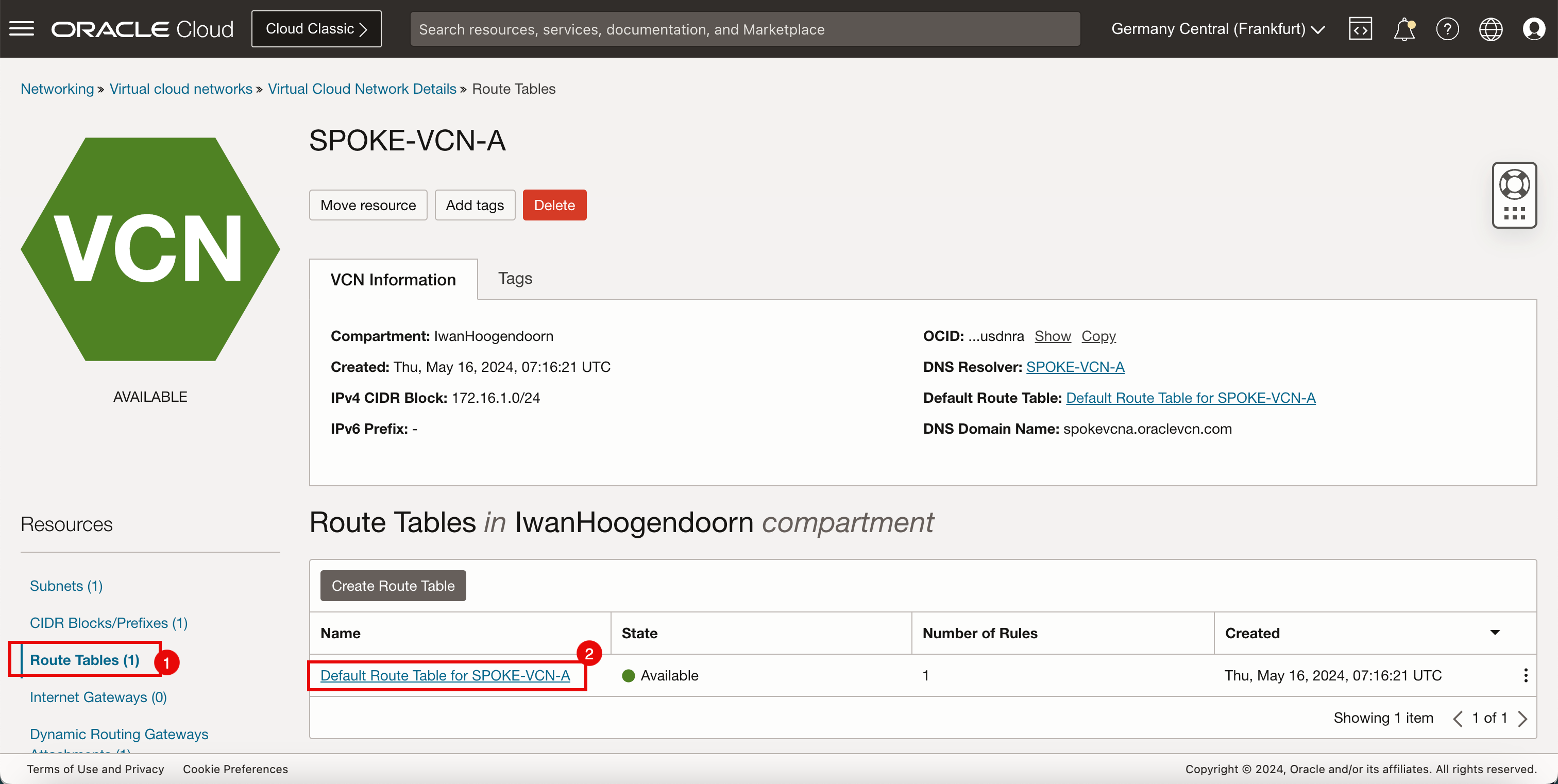

Task 7.2: Crea e configura tabelle di instradamento VCN spoke

È necessario creare due tipi di tabelle di instradamento: tabelle di instradamento VCN e tabelle di instradamento DRG.

Nota: per impostazione predefinita, quando si crea una VCN, viene creata una tabella di instradamento predefinita.

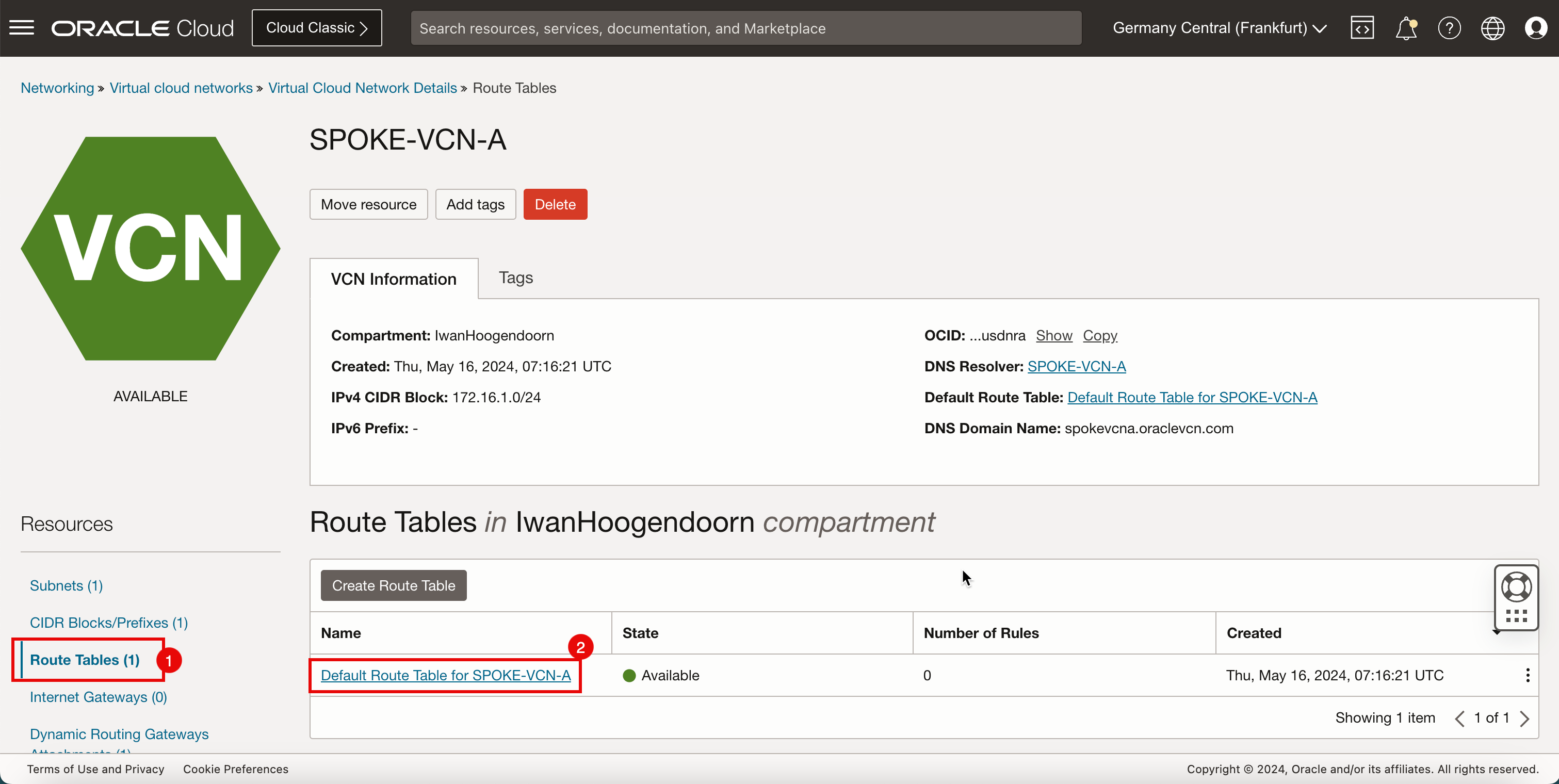

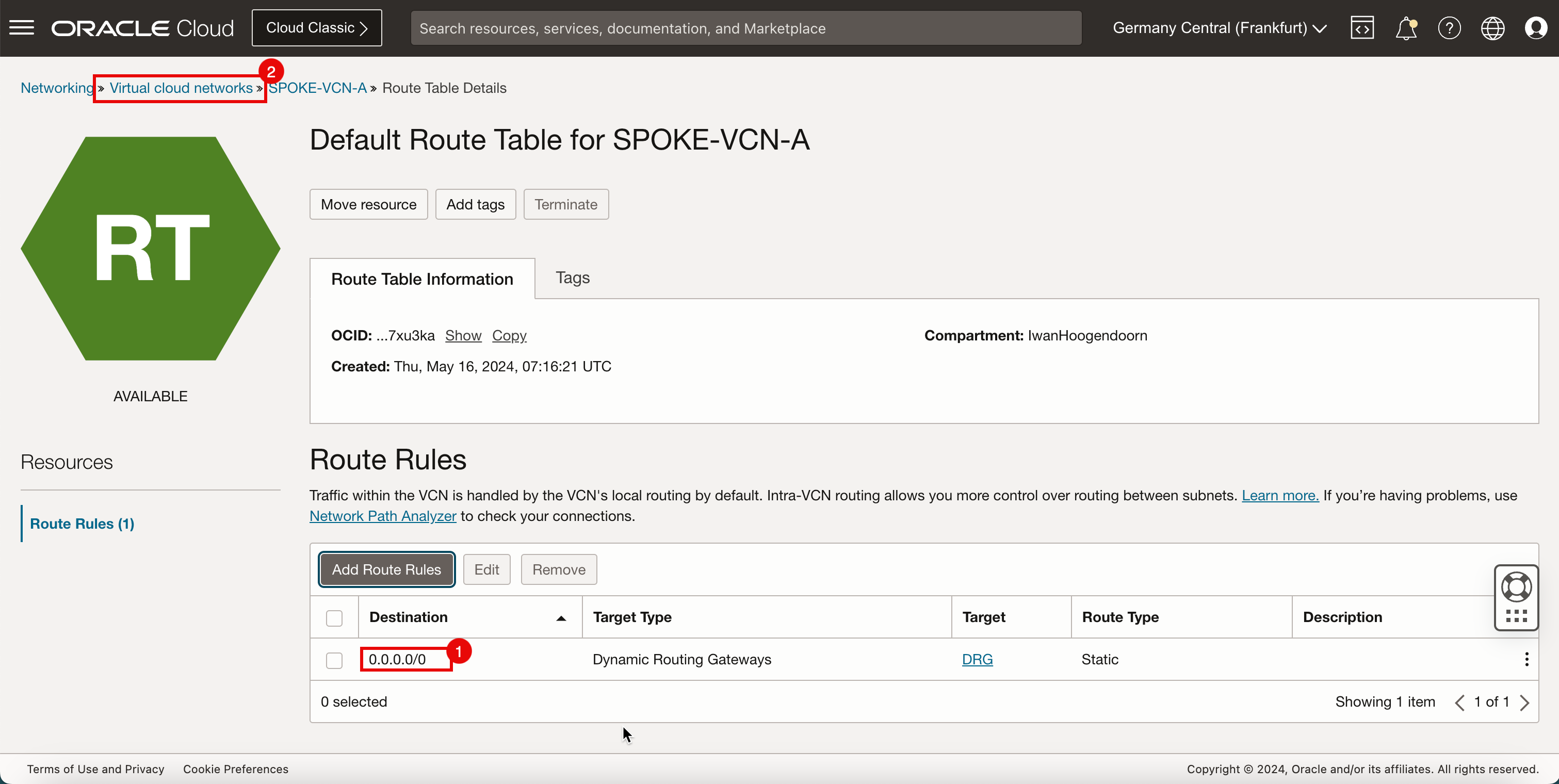

-

La VCN spoke A dispone solo della tabella di instradamento della VCN predefinita.

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica - Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Reti cloud virtuali.

-

Fare clic sulla VCN A spoke.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita per SPOKE-VCN-A.

-

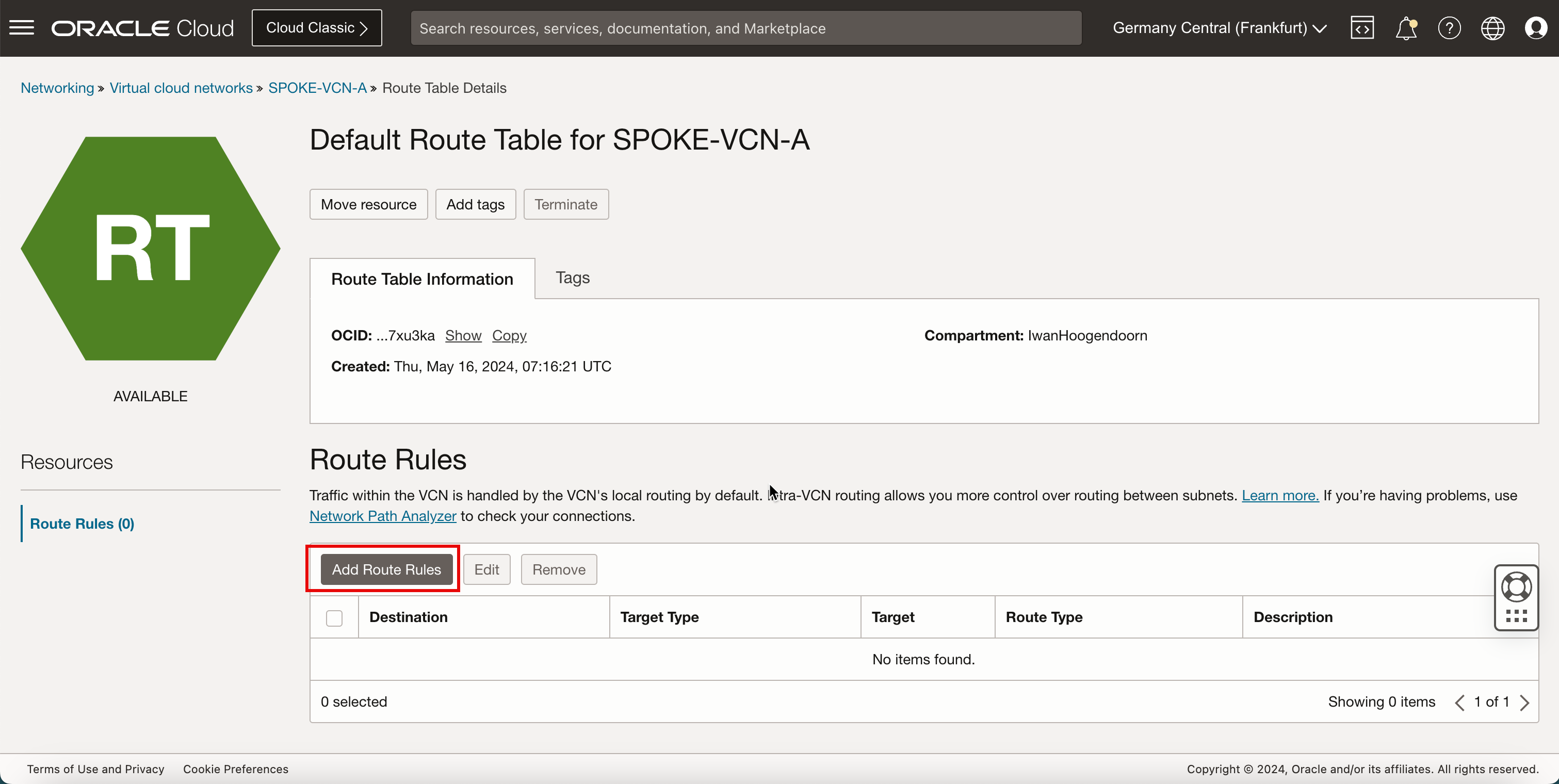

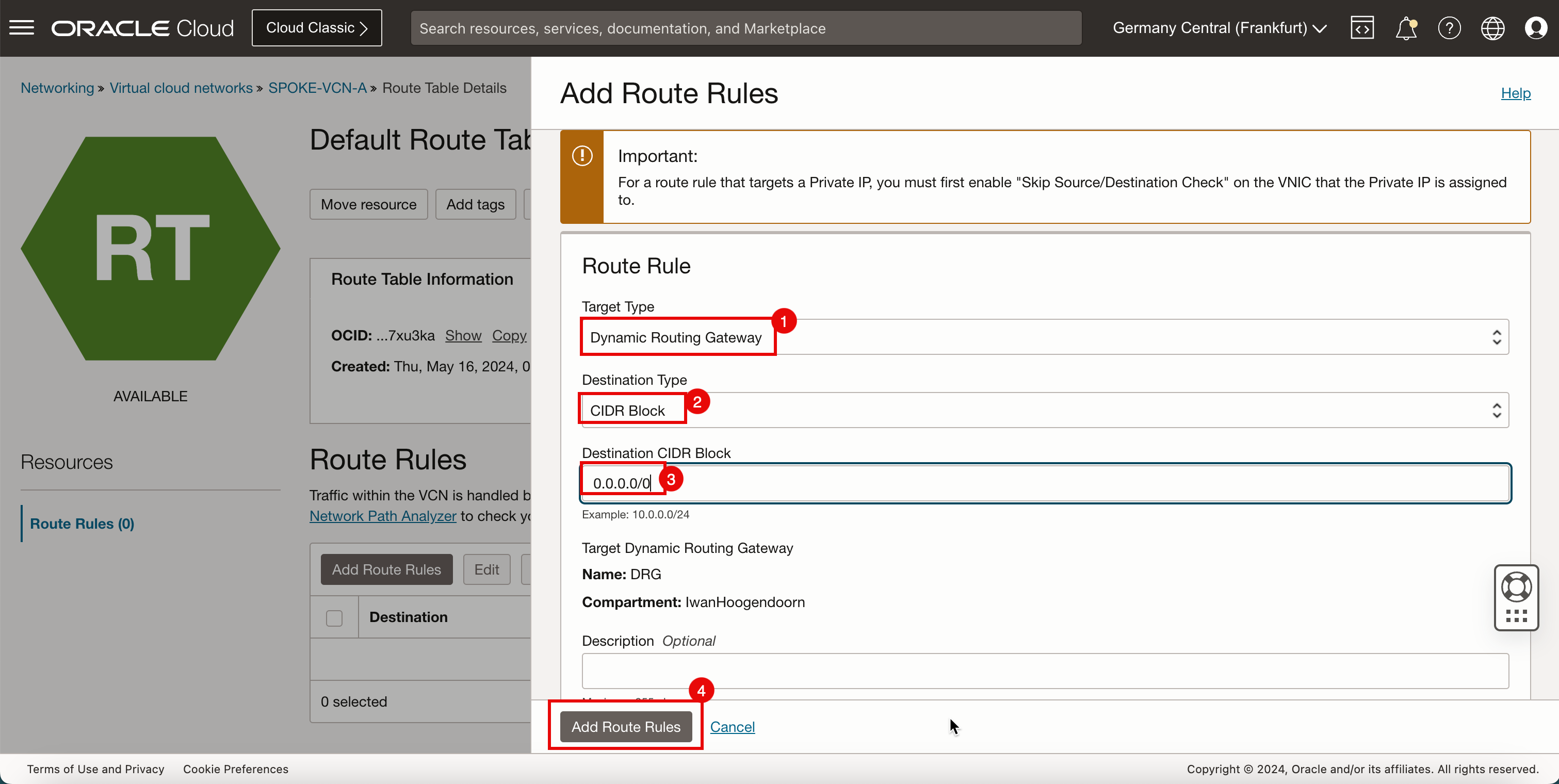

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - Fare clic su Aggiungi regole di instradamento.

-

Questa regola instraderà tutto il traffico proveniente dalla VCN A spoke verso il DRG.

- Tenere presente che l'instradamento

0.0.0.0/0viene ora aggiunto alla tabella di instradamento predefinita della VCN A spoke. - Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

- Tenere presente che l'instradamento

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

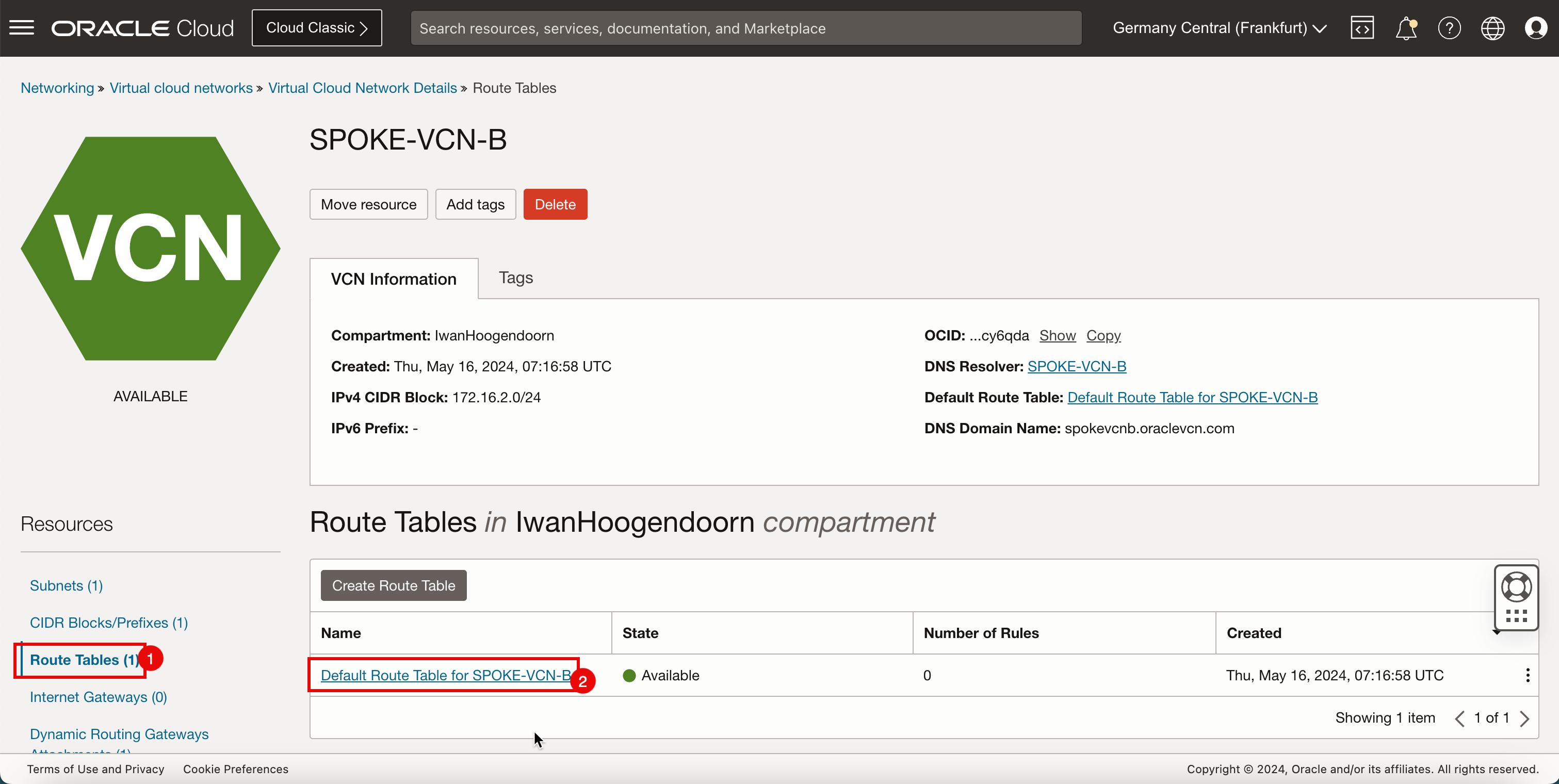

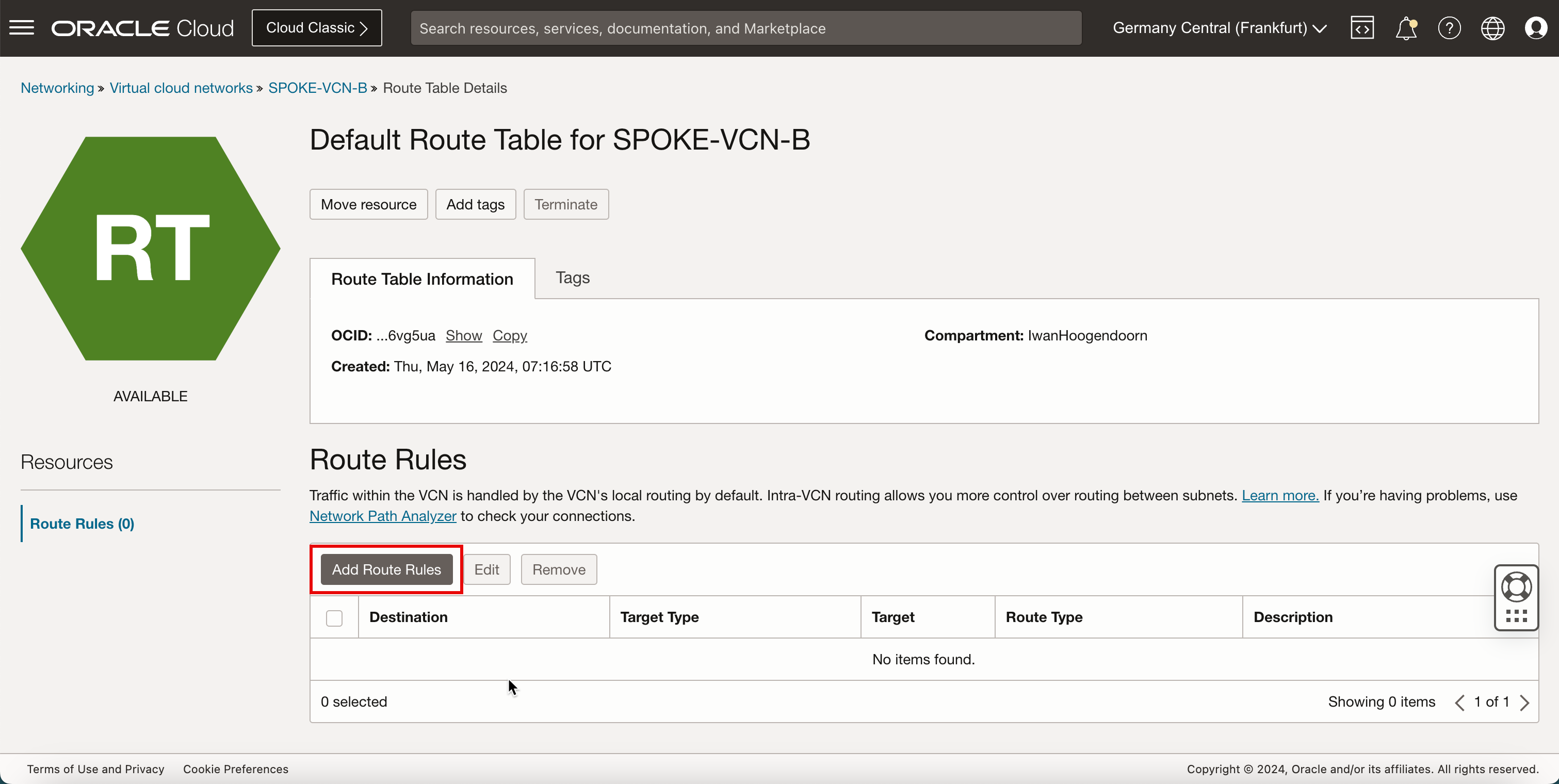

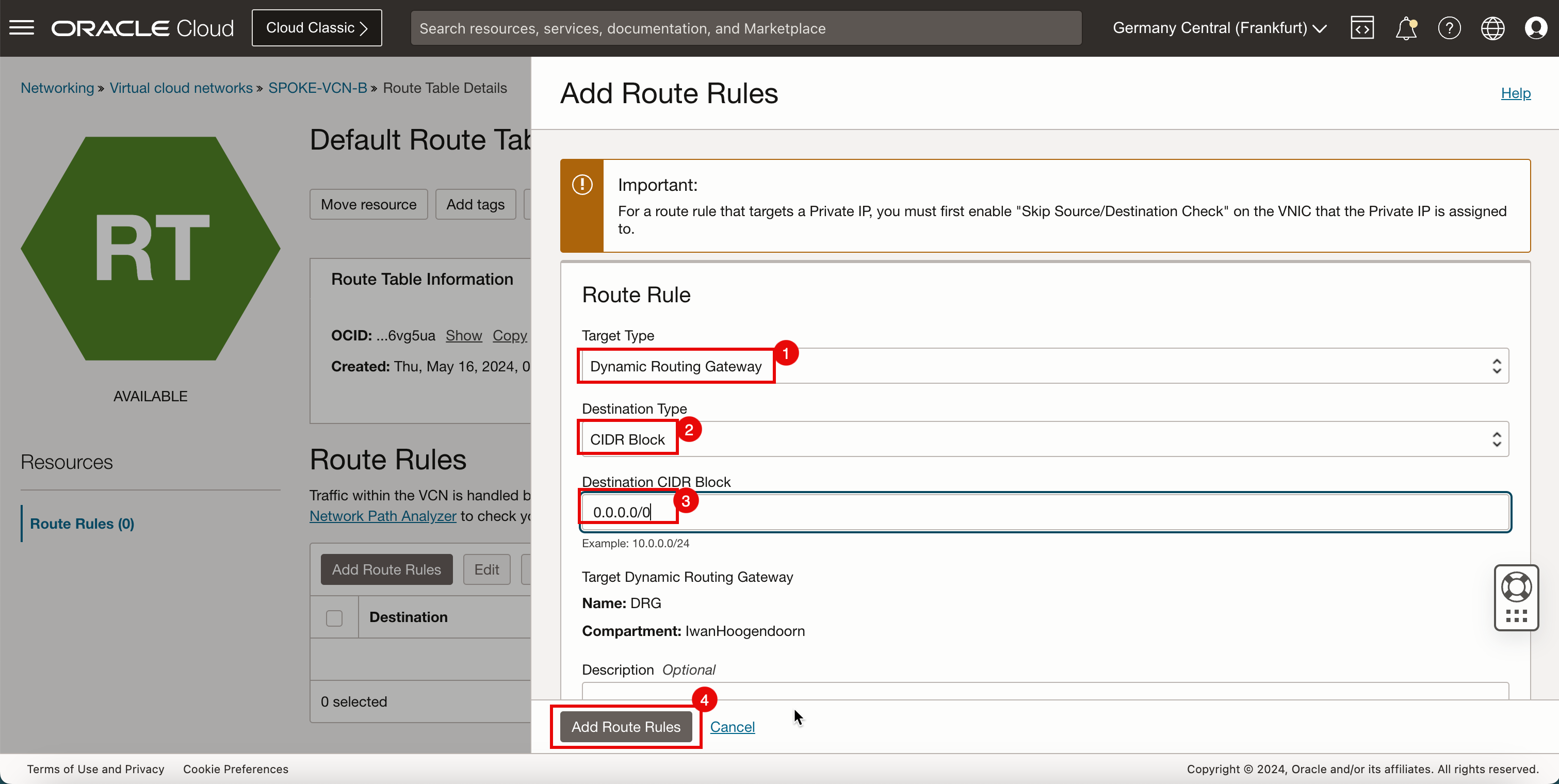

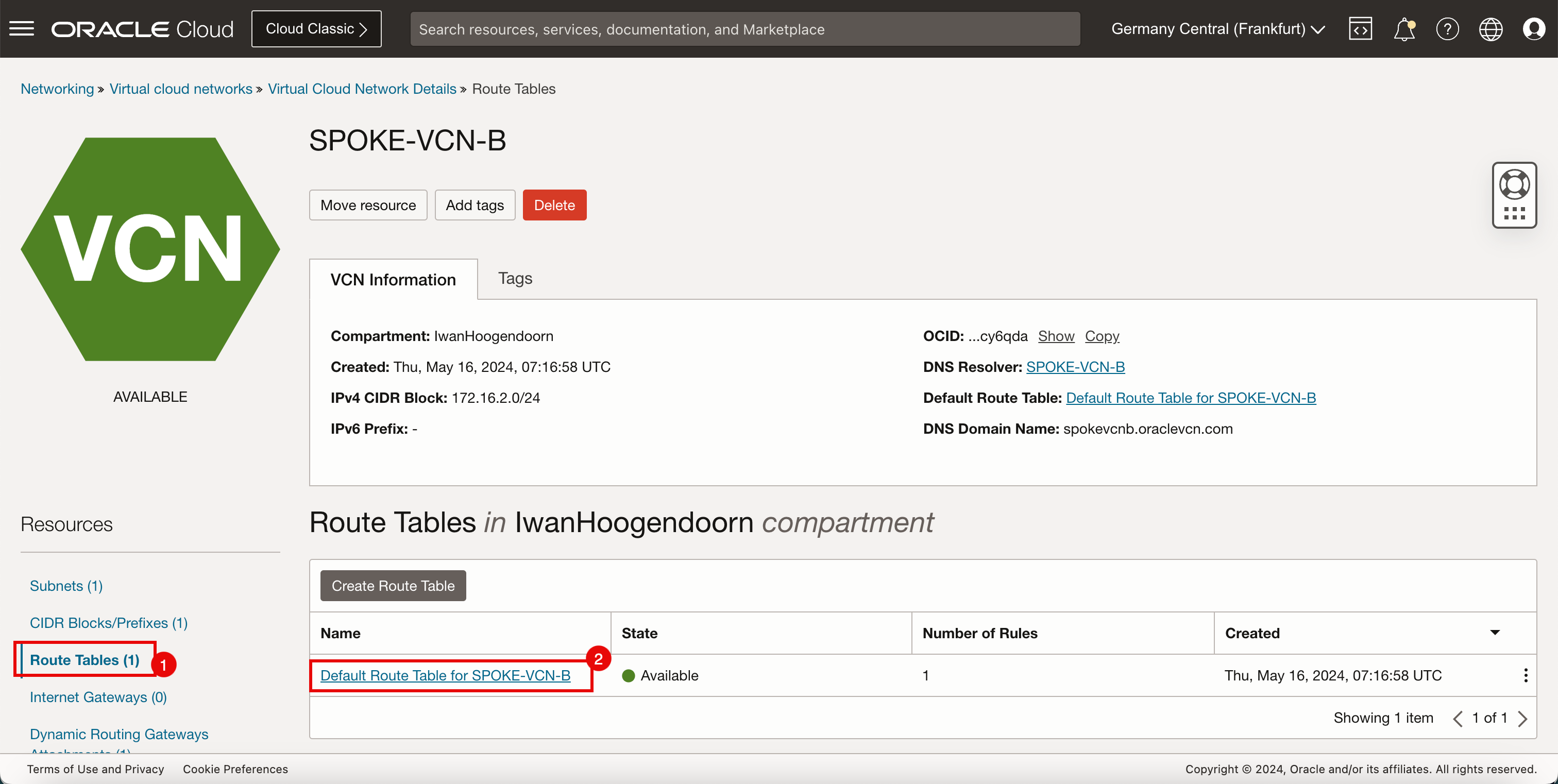

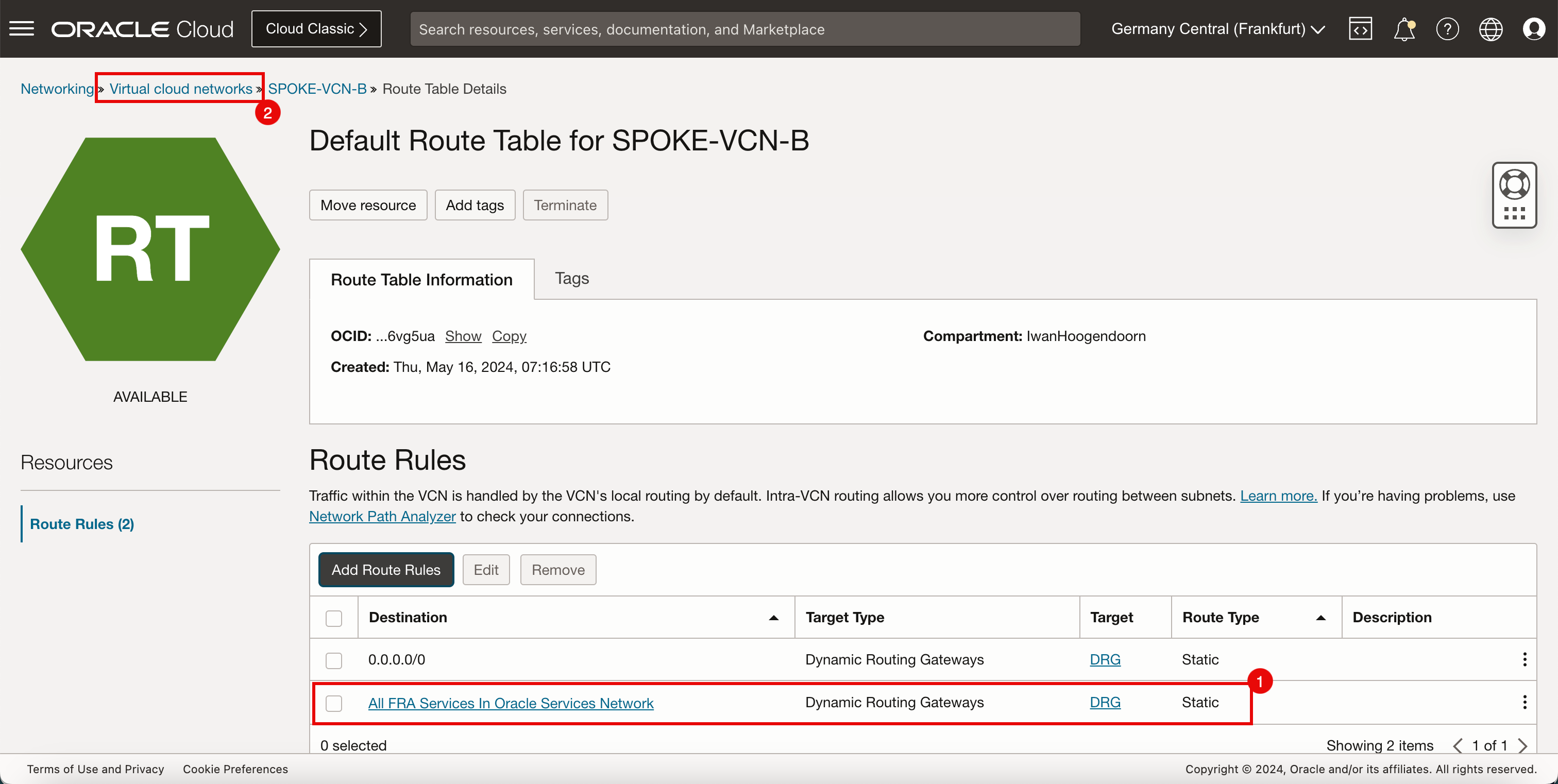

La VCN spoke B dispone solo della tabella di instradamento della VCN predefinita.

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica -

Fare clic sulla VCN spoke B.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita da SPOKE-VCN-B.

-

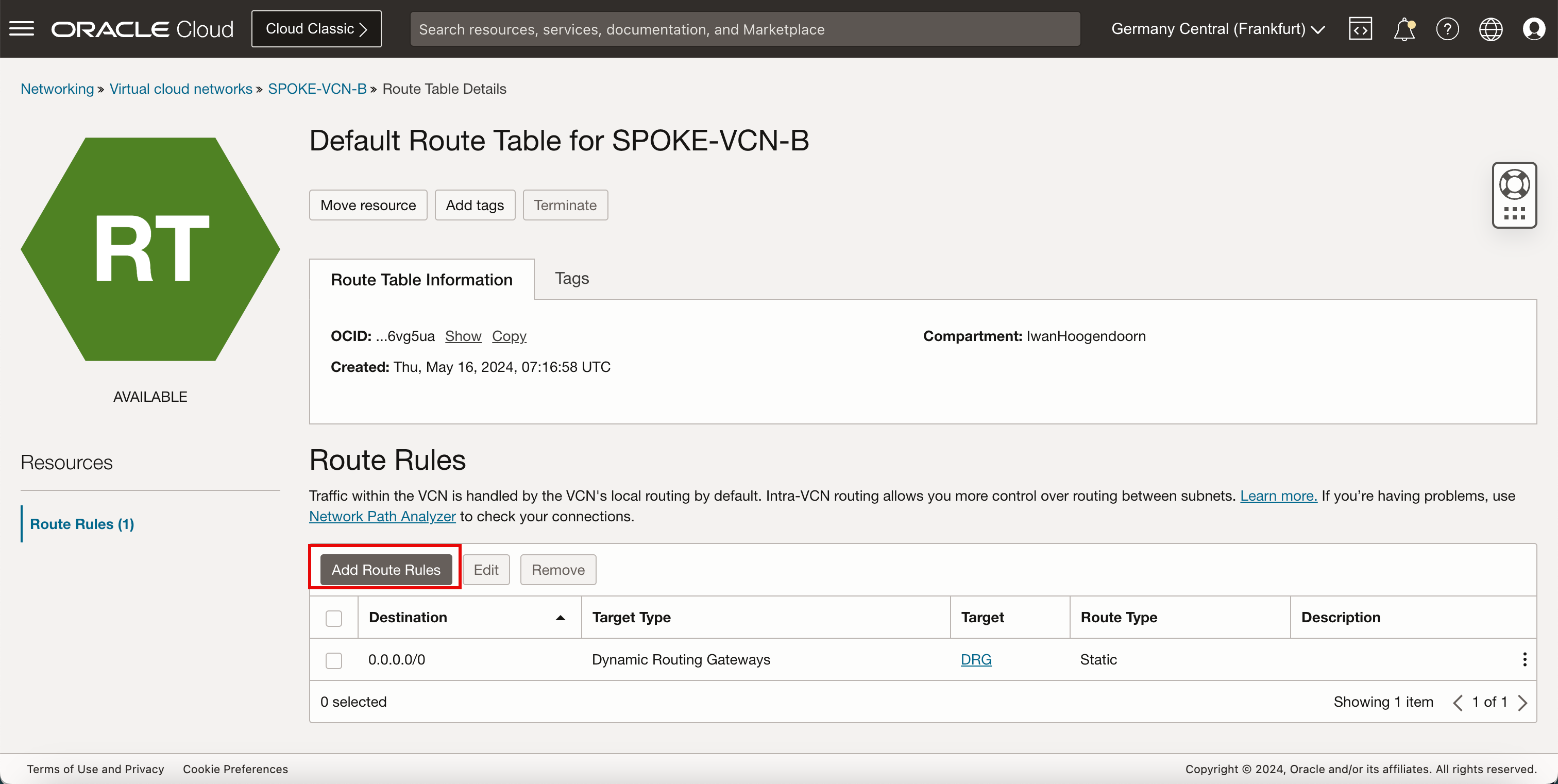

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - Fare clic su Aggiungi regole di instradamento.

-

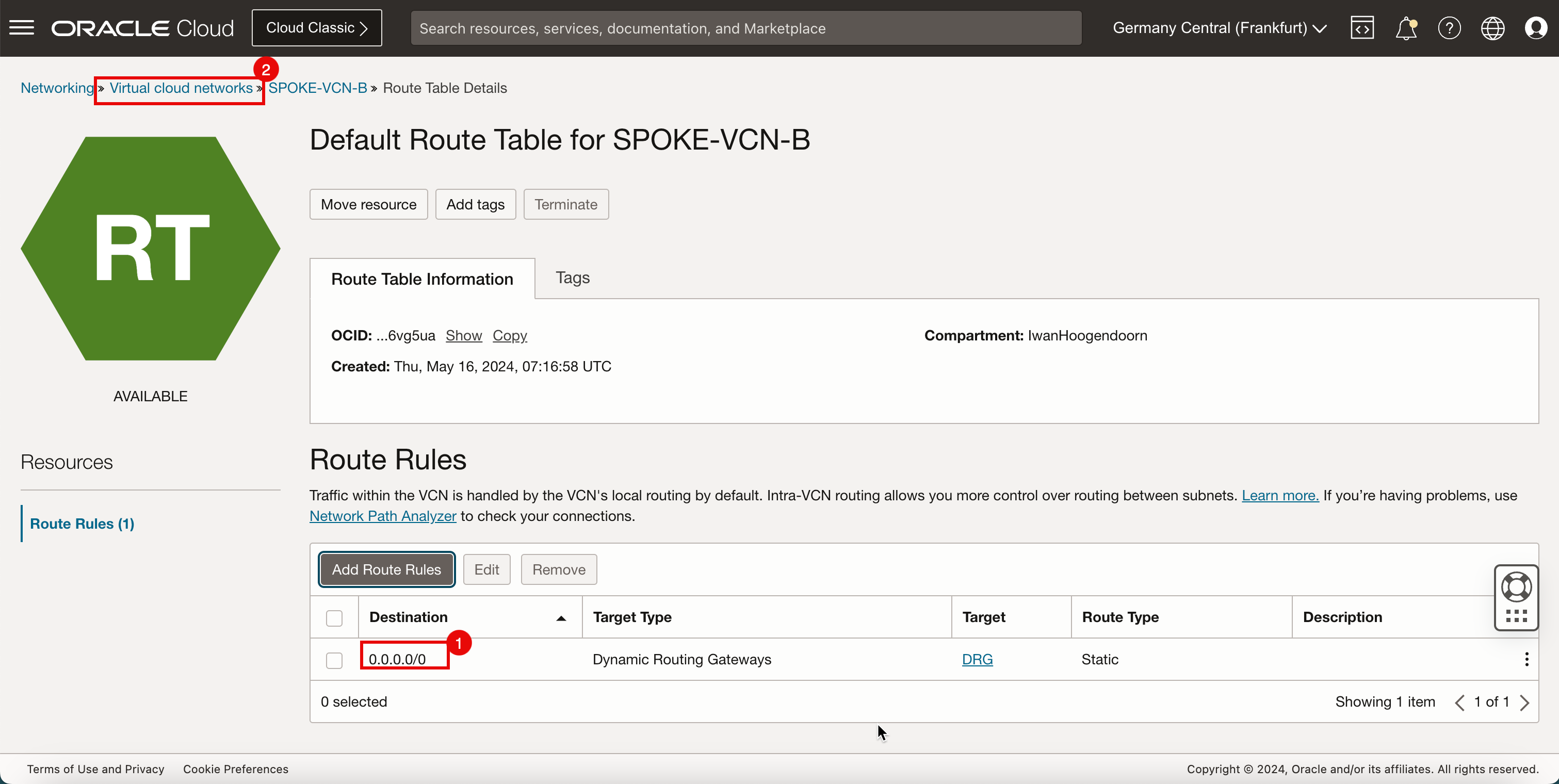

Questa regola instraderà tutto il traffico proveniente dalla VCN B spoke nel gateway DRG.

- Tenere presente che l'instradamento

0.0.0.0/0viene ora aggiunto alla tabella di instradamento predefinita della VCN B spoke. - Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

- Tenere presente che l'instradamento

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

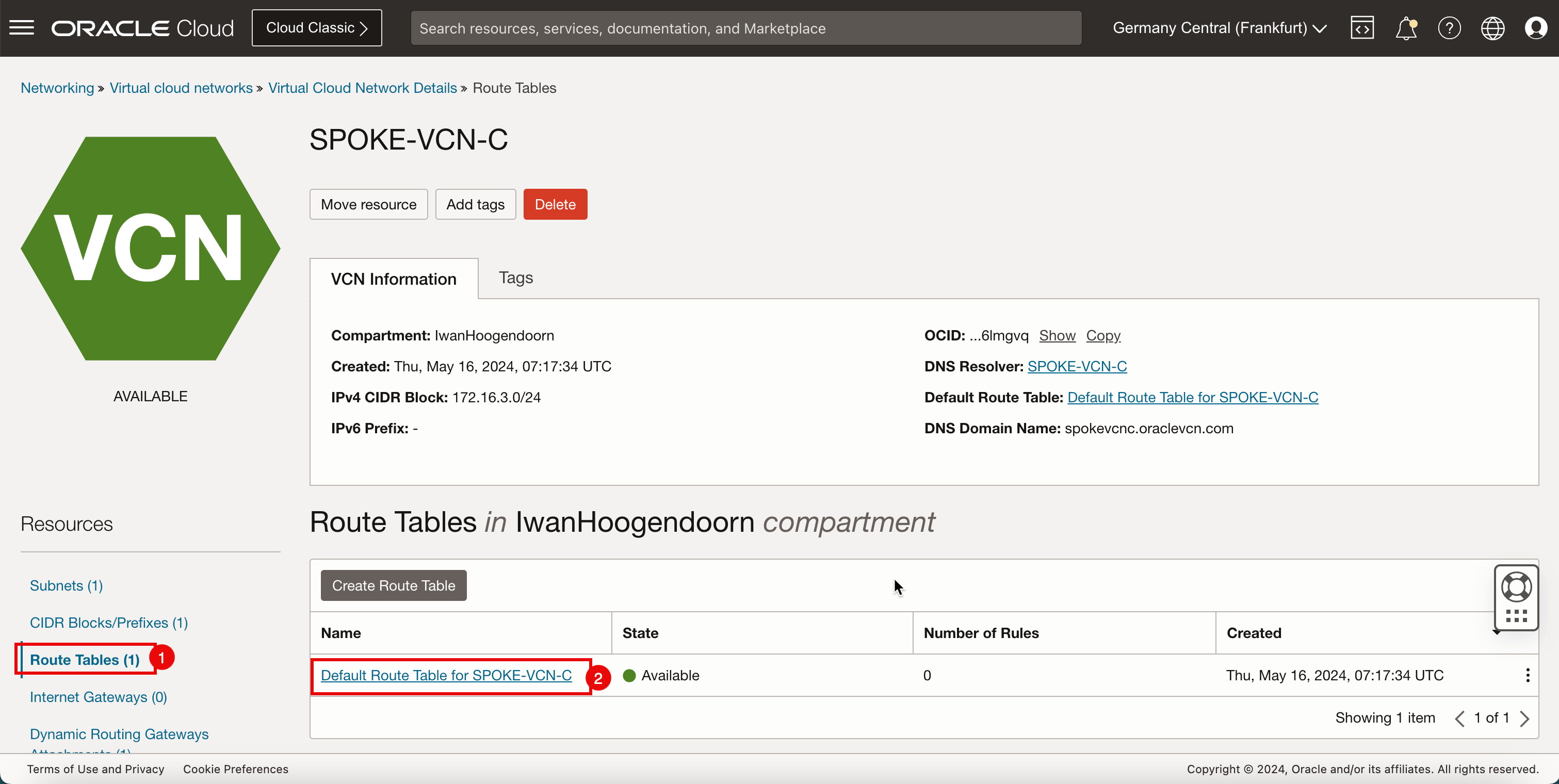

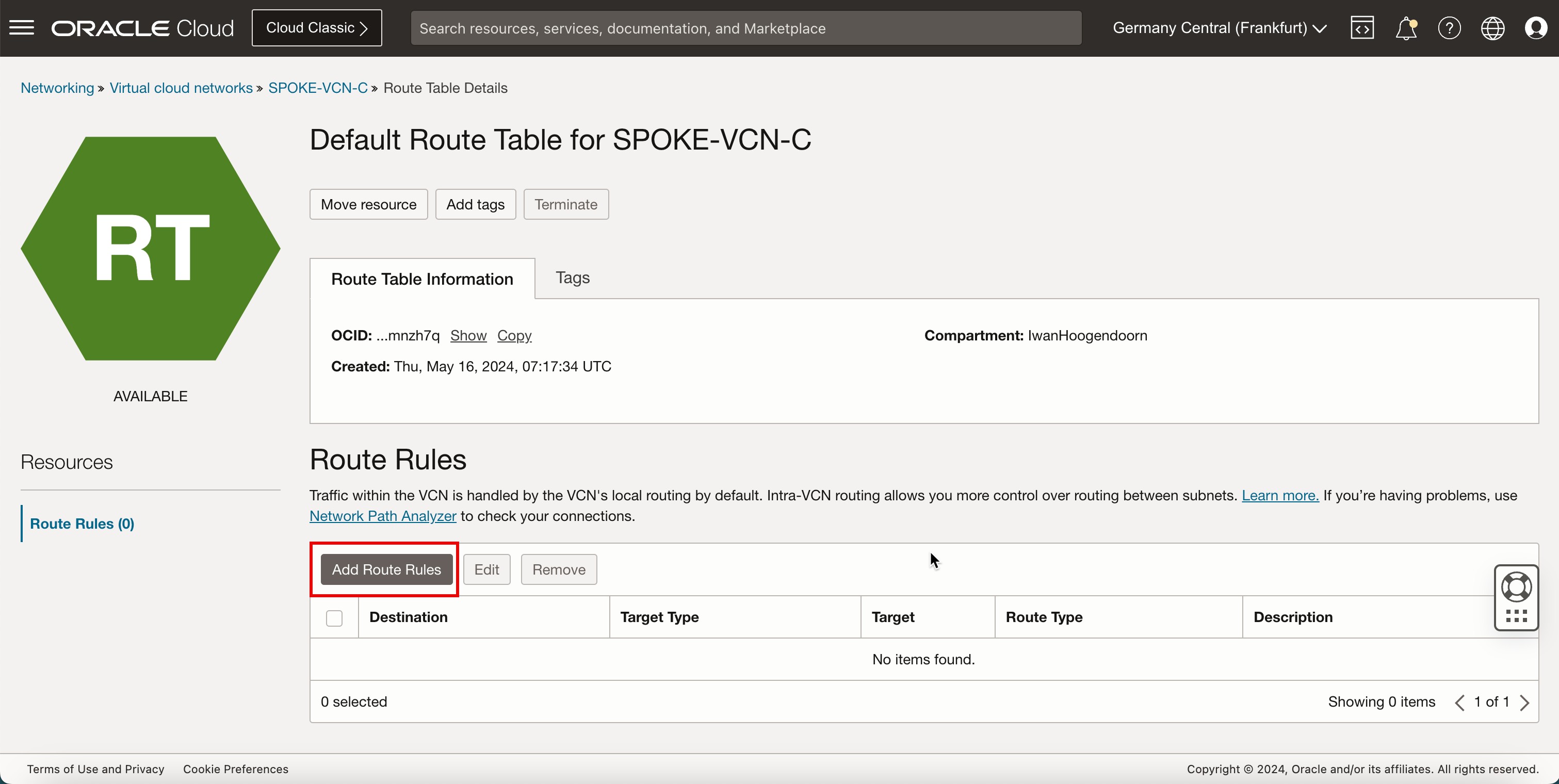

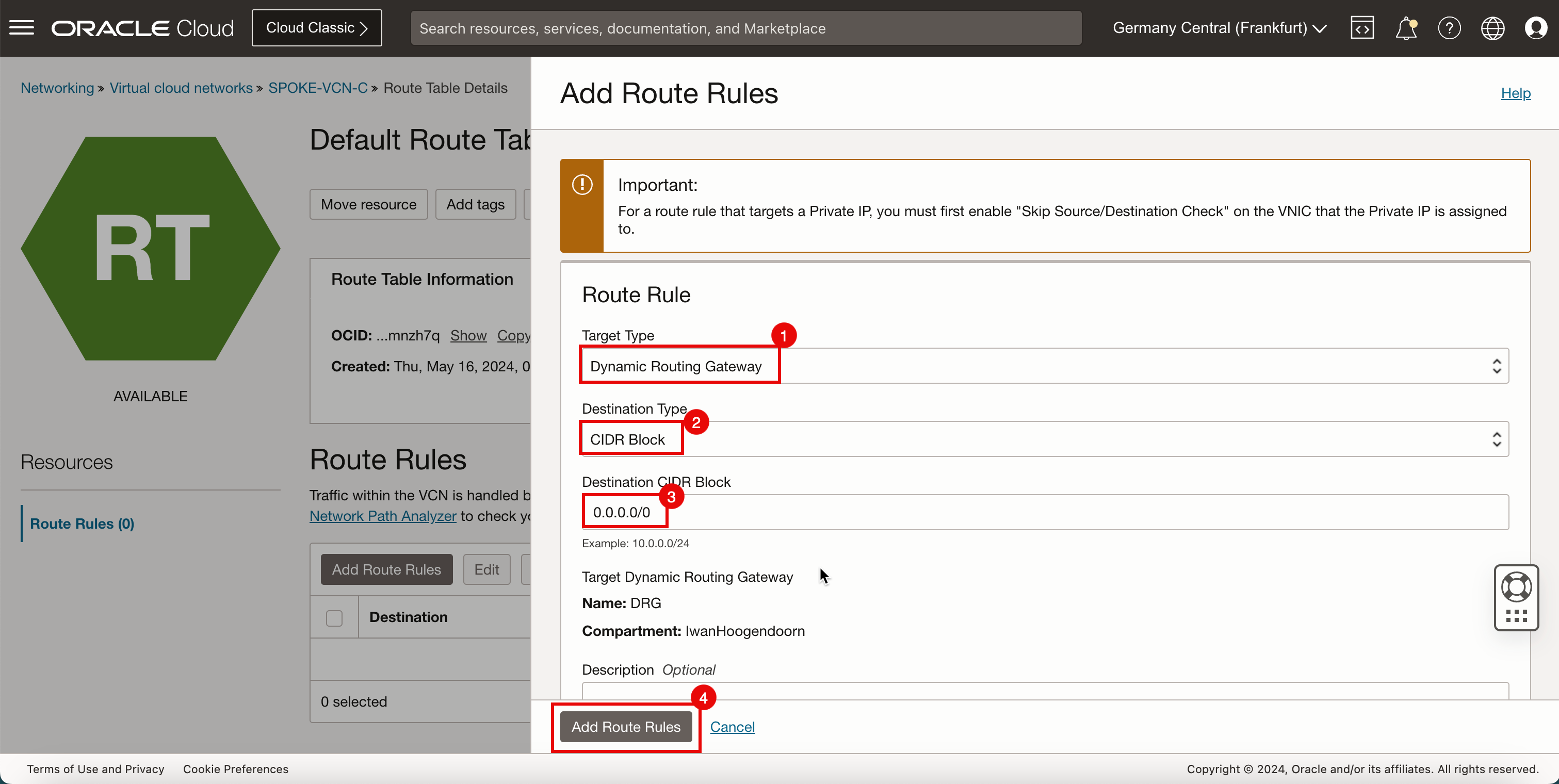

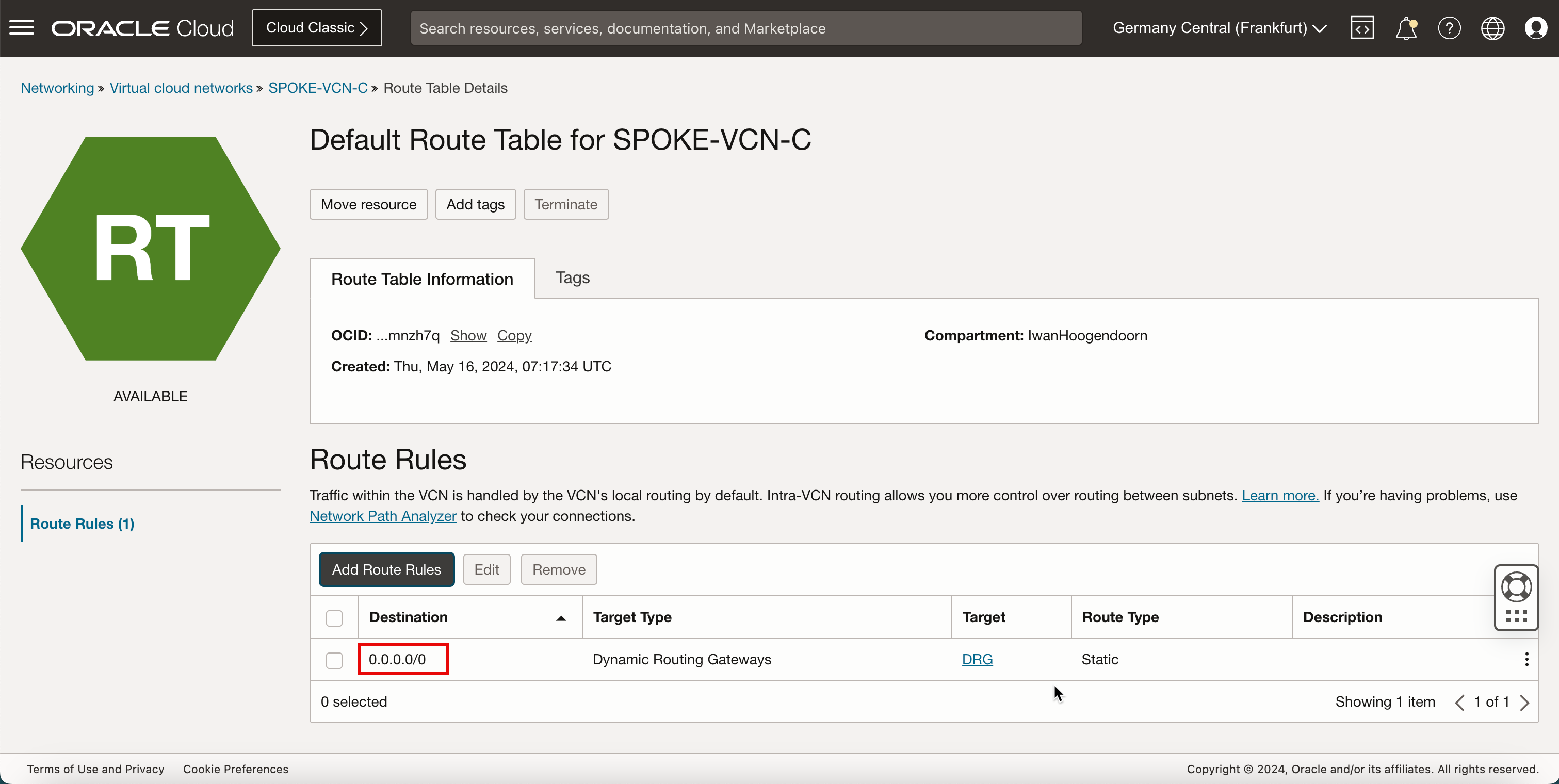

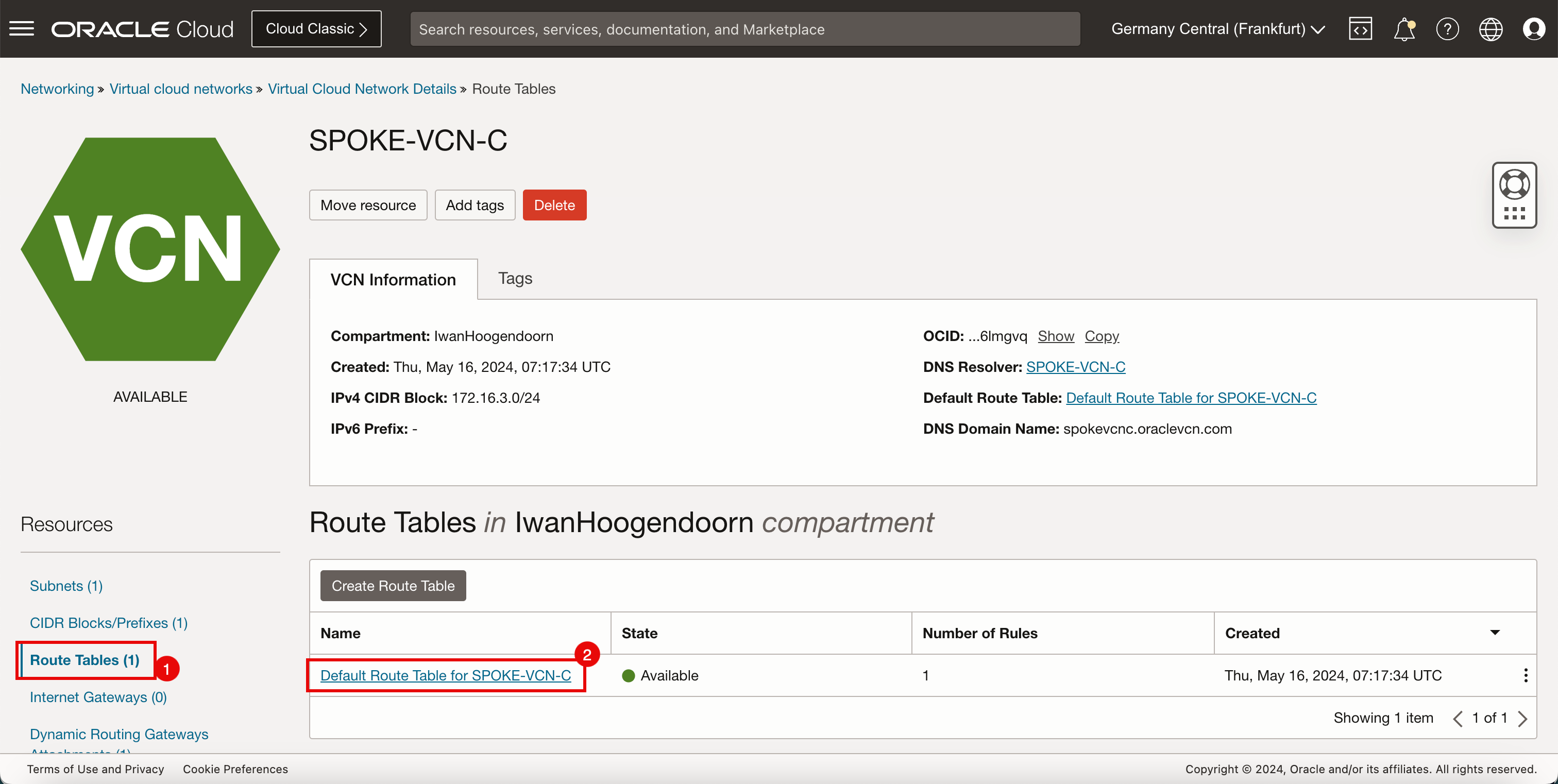

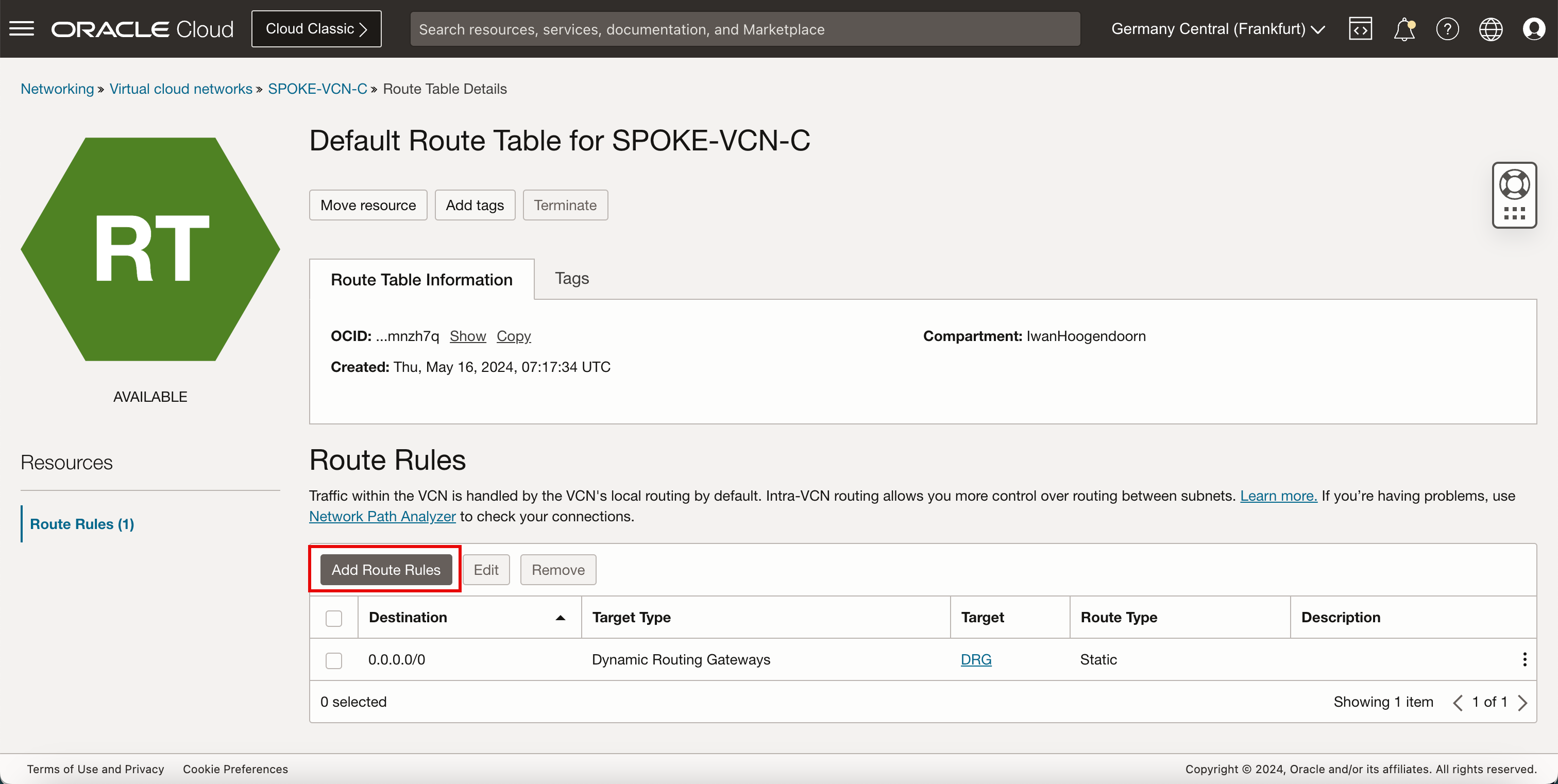

La VCN spoke C dispone solo della tabella di instradamento della VCN predefinita.

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica -

Fare clic su VCN spoke C.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita per SPOKE-VCN-C.

-

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - Fare clic su Aggiungi regole di instradamento.

-

Questa regola instraderà tutto il traffico proveniente dalla VCN C spoke verso il DRG.

-

Tenere presente che l'instradamento

0.0.0.0/0viene ora aggiunto alla tabella di instradamento predefinita della VCN C spoke.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

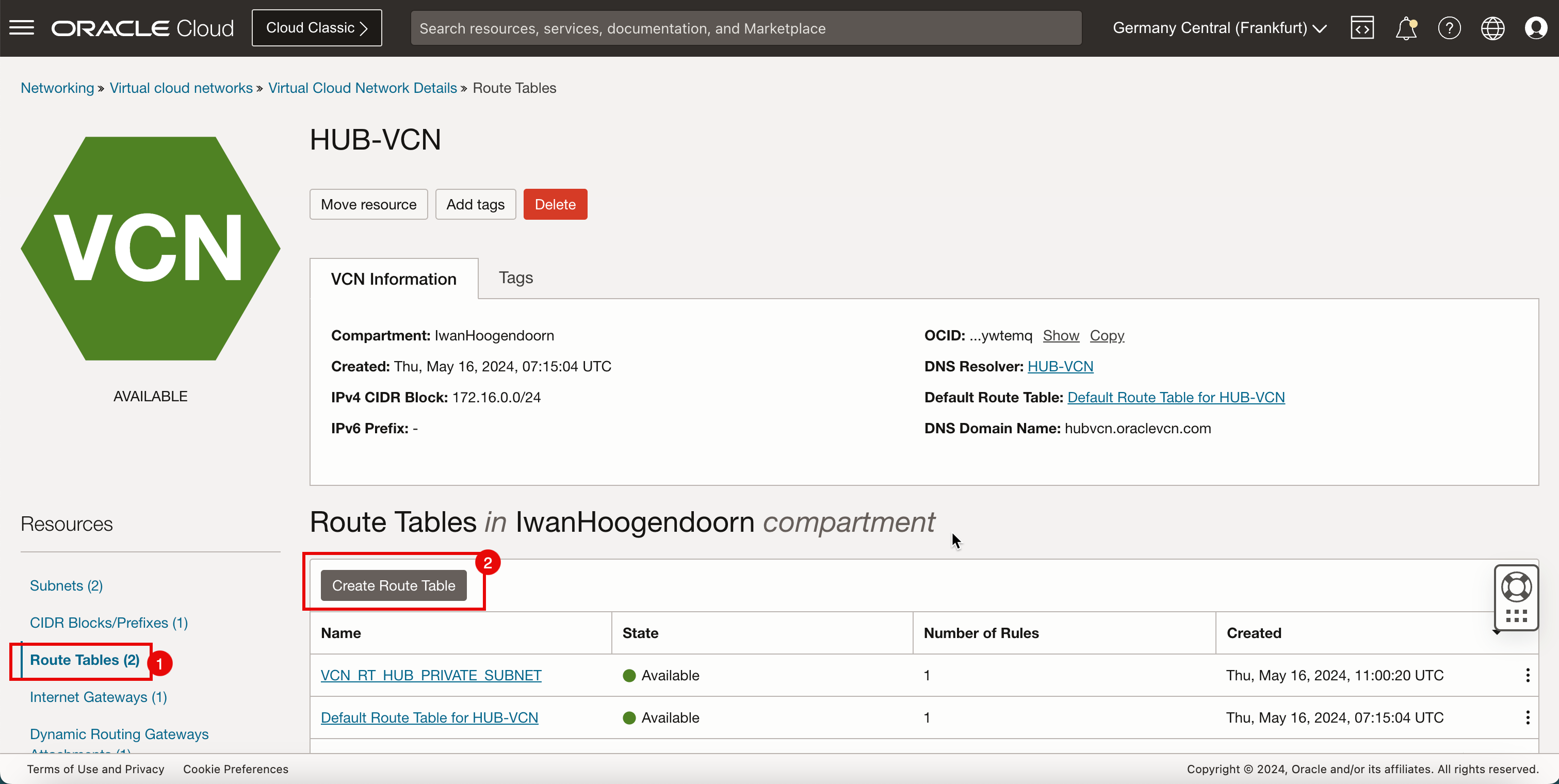

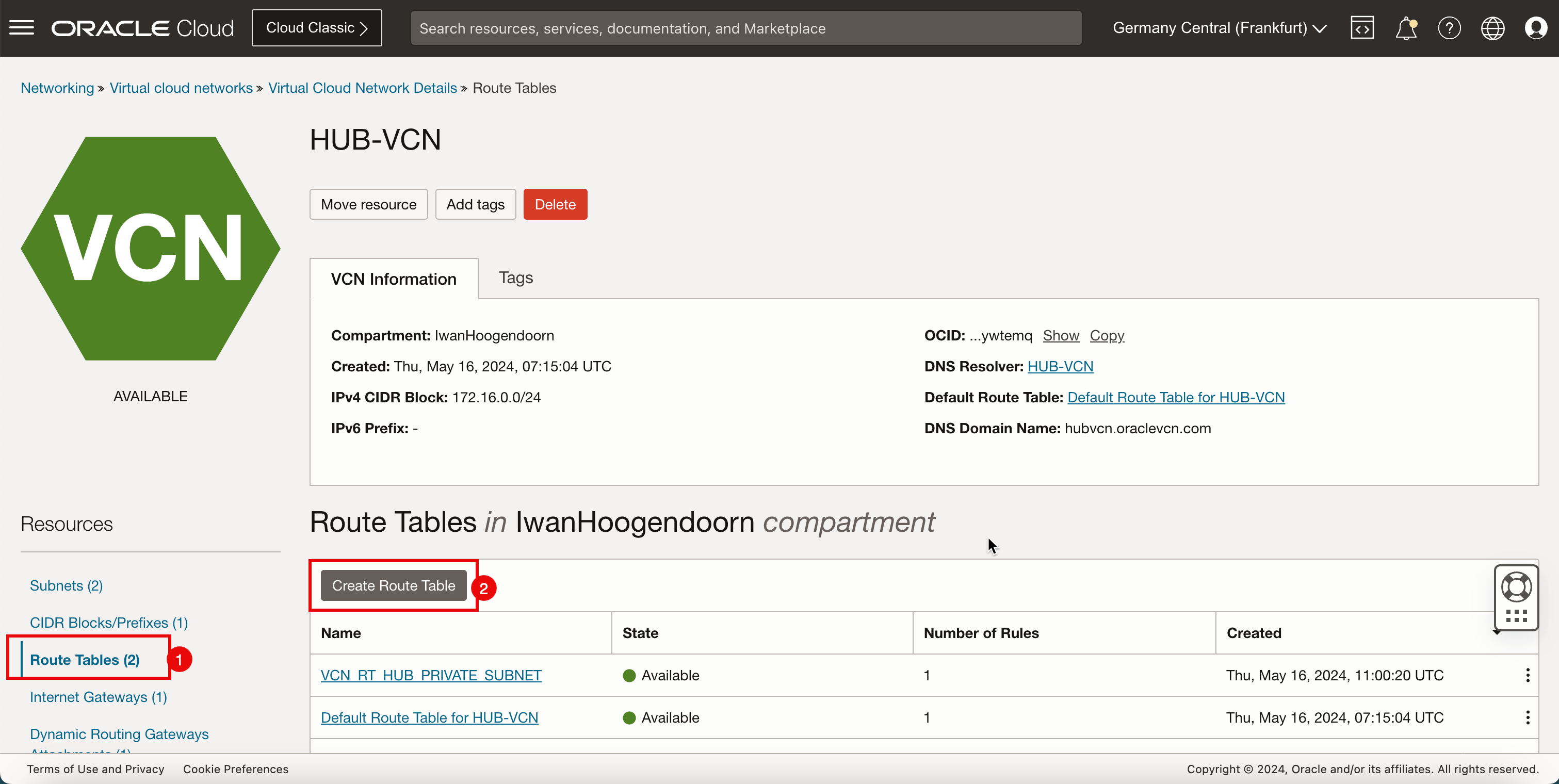

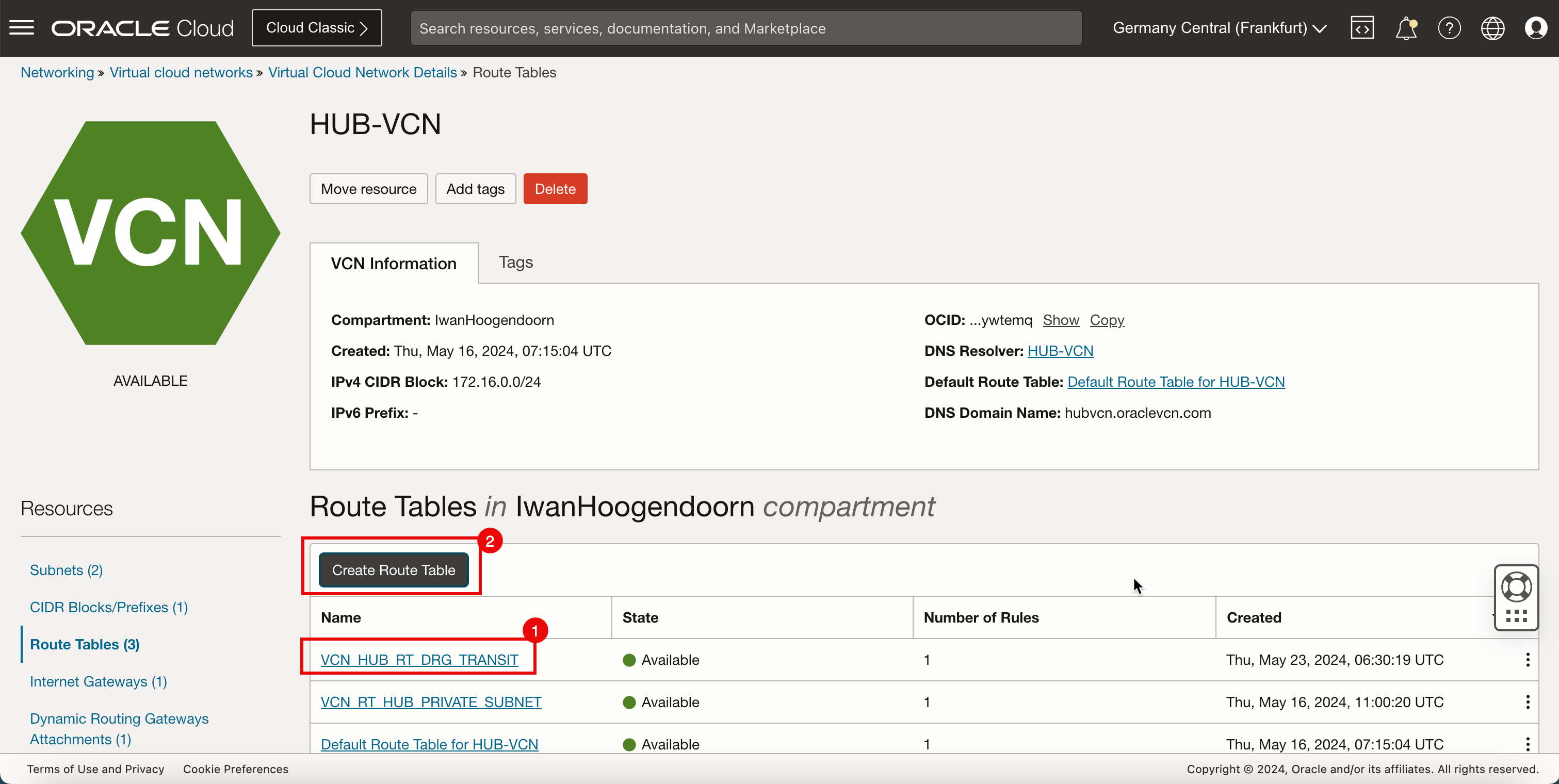

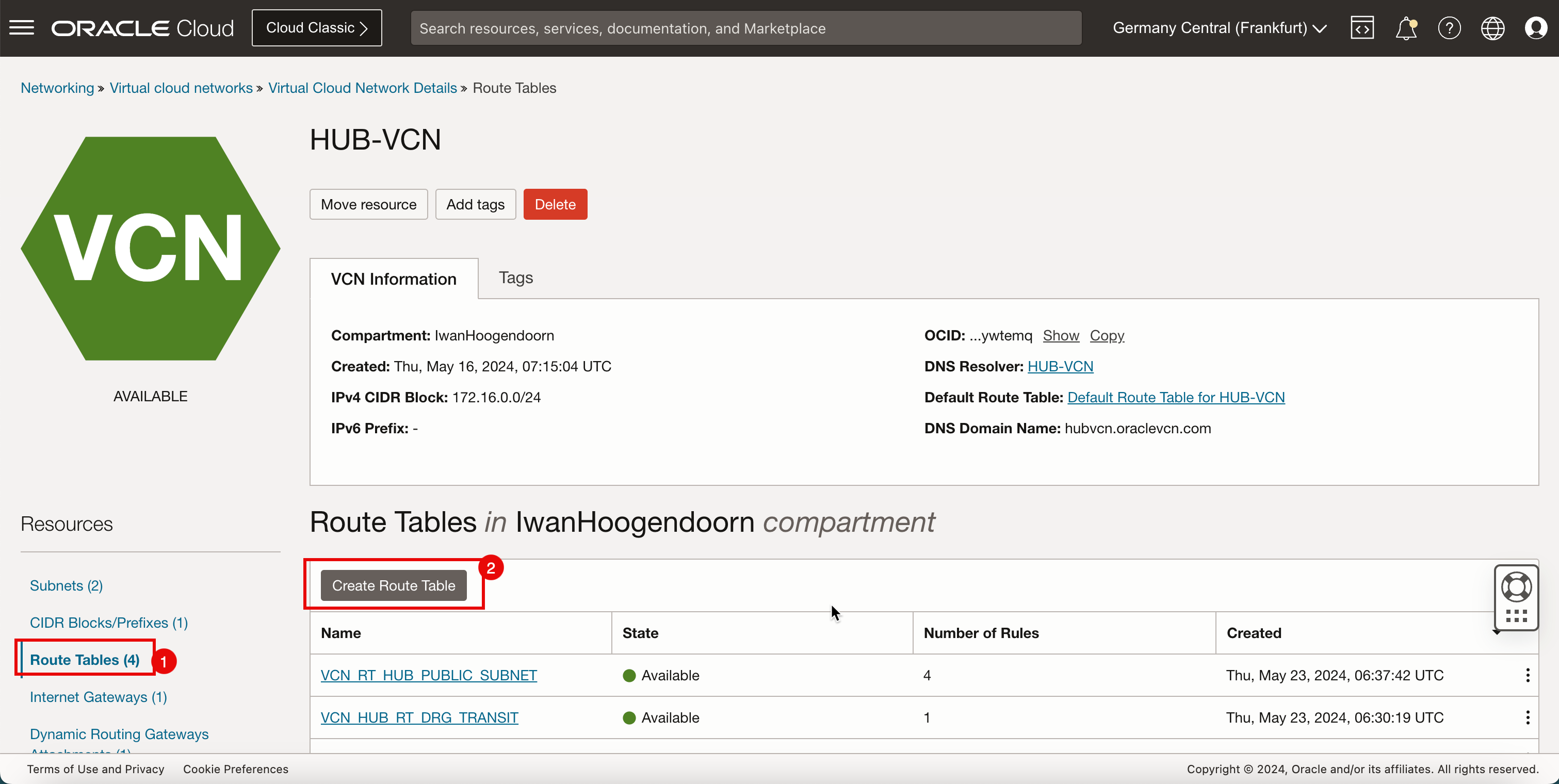

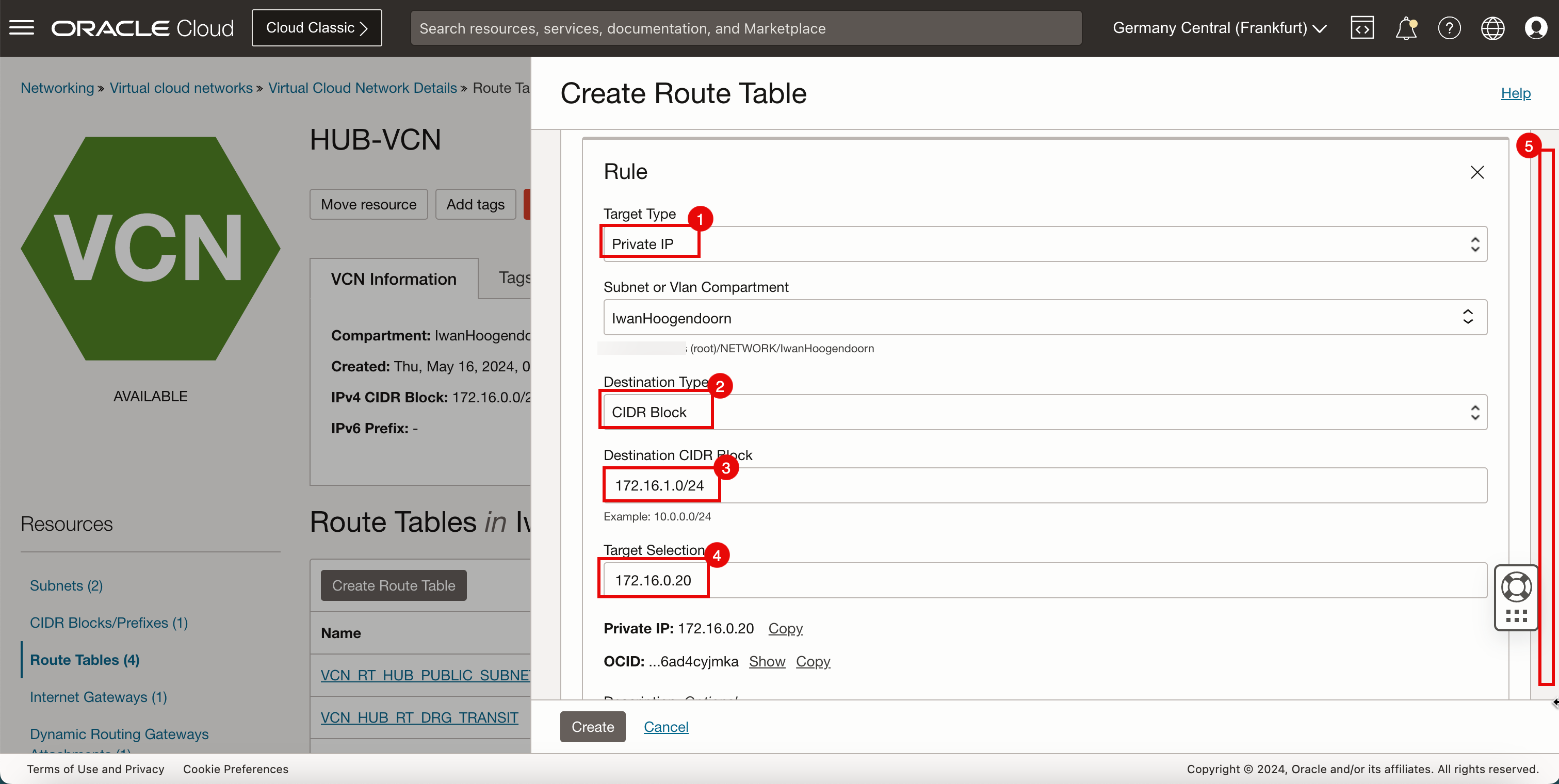

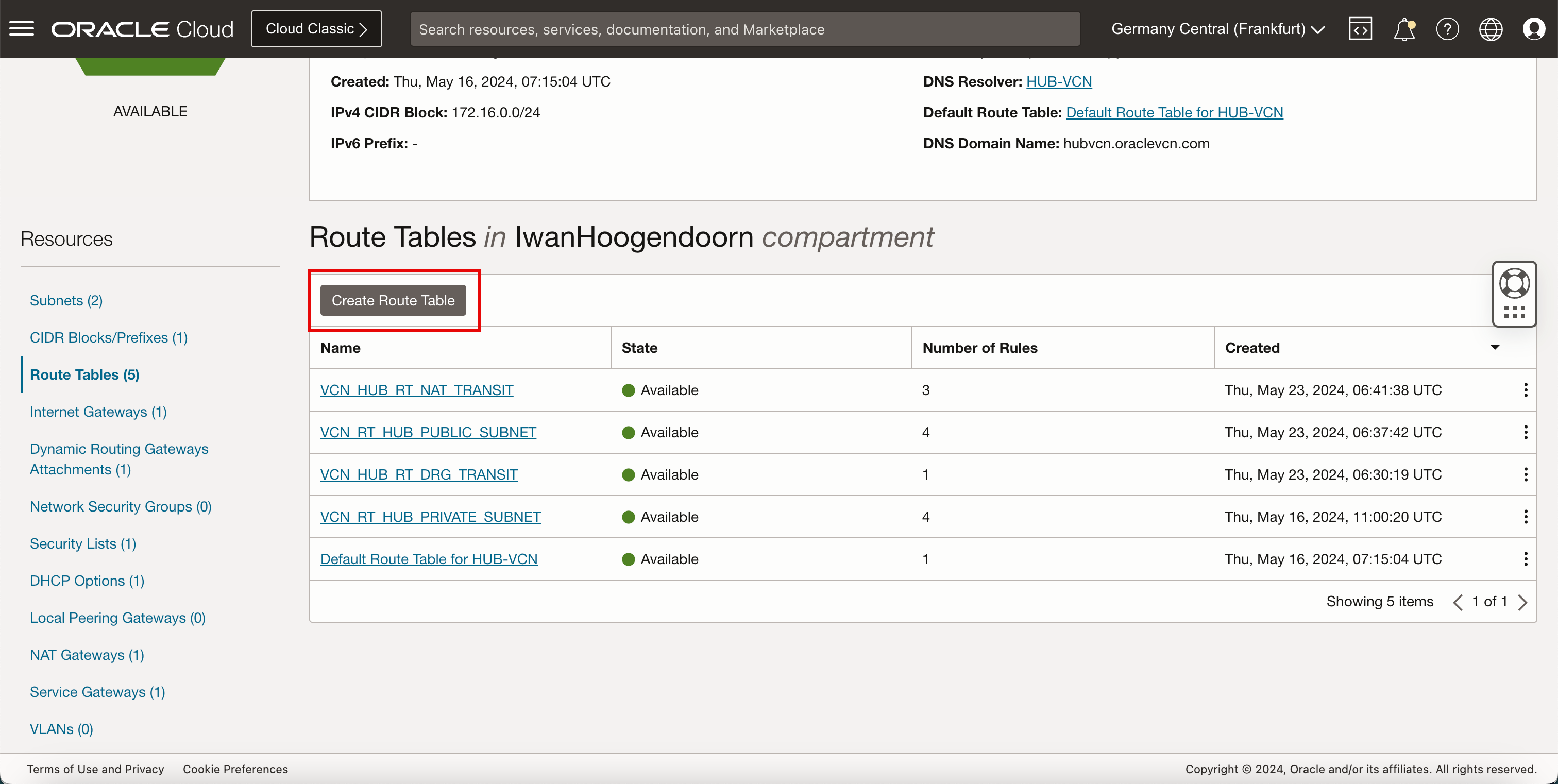

Task 7.3: Crea e configura tabelle di instradamento VCN hub

-

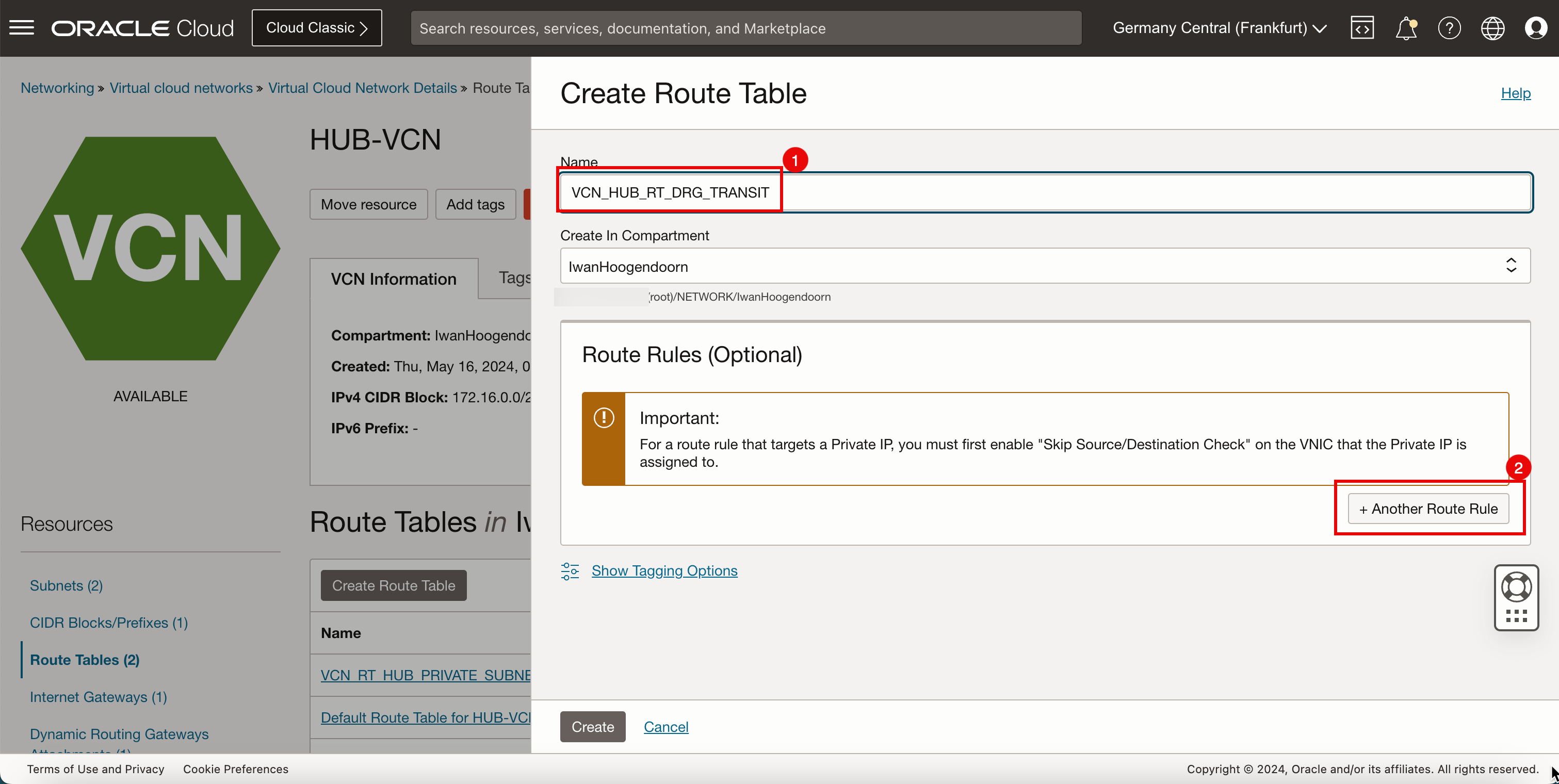

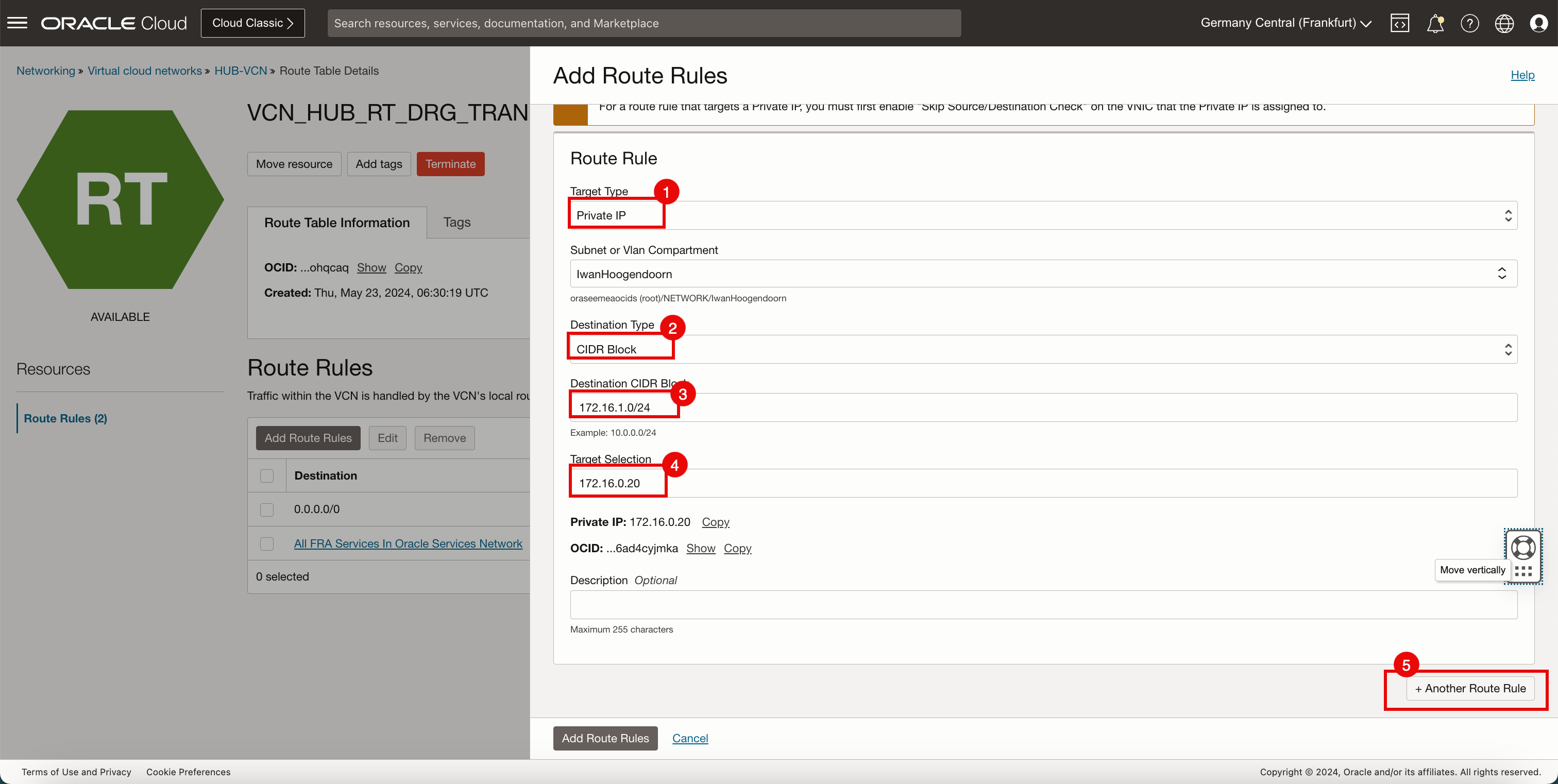

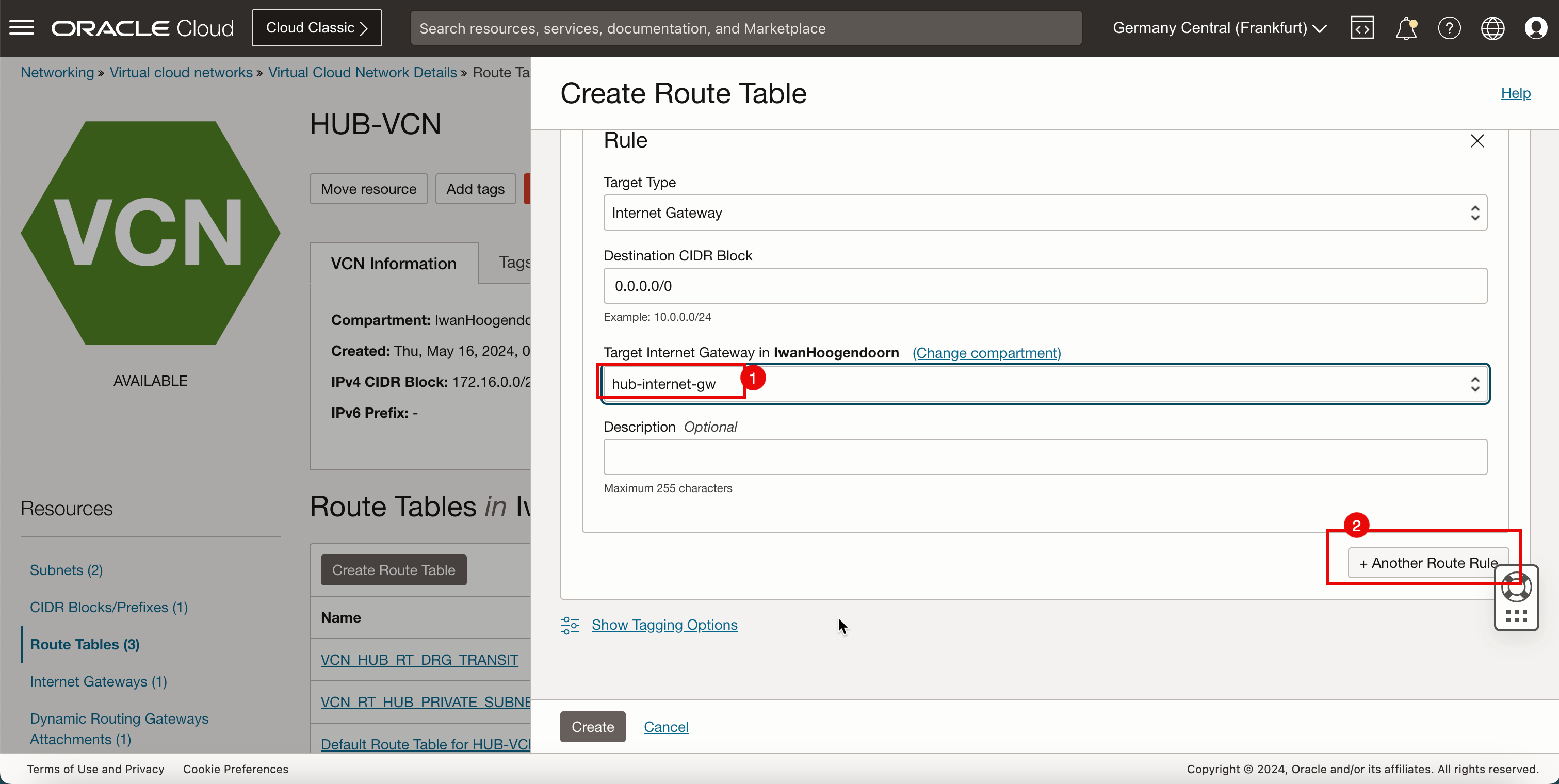

Creare una tabella di instradamento (

VCN_HUB_RT_DRG_TRANSIT) nella VCN dell'hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 IP privato 172.16.0.20 (IP FW) Statica 172.16.1.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.2.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.3.0/24 IP privato 172.16.0.20 (IP FW) Statica Nota: per instradare il traffico che va da spoke a VCN spoke, è necessario aggiungere anche gli instradamenti specifici in questa tabella di instradamento poiché l'opzione

0.0.0.0/0predefinita non è sufficiente per garantire questo funzionamento. -

Andare a OCI Console.

- Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Reti cloud virtuali.

-

Fare clic sulla VCN hub.

- Fare clic su Tabelle di instradamento.

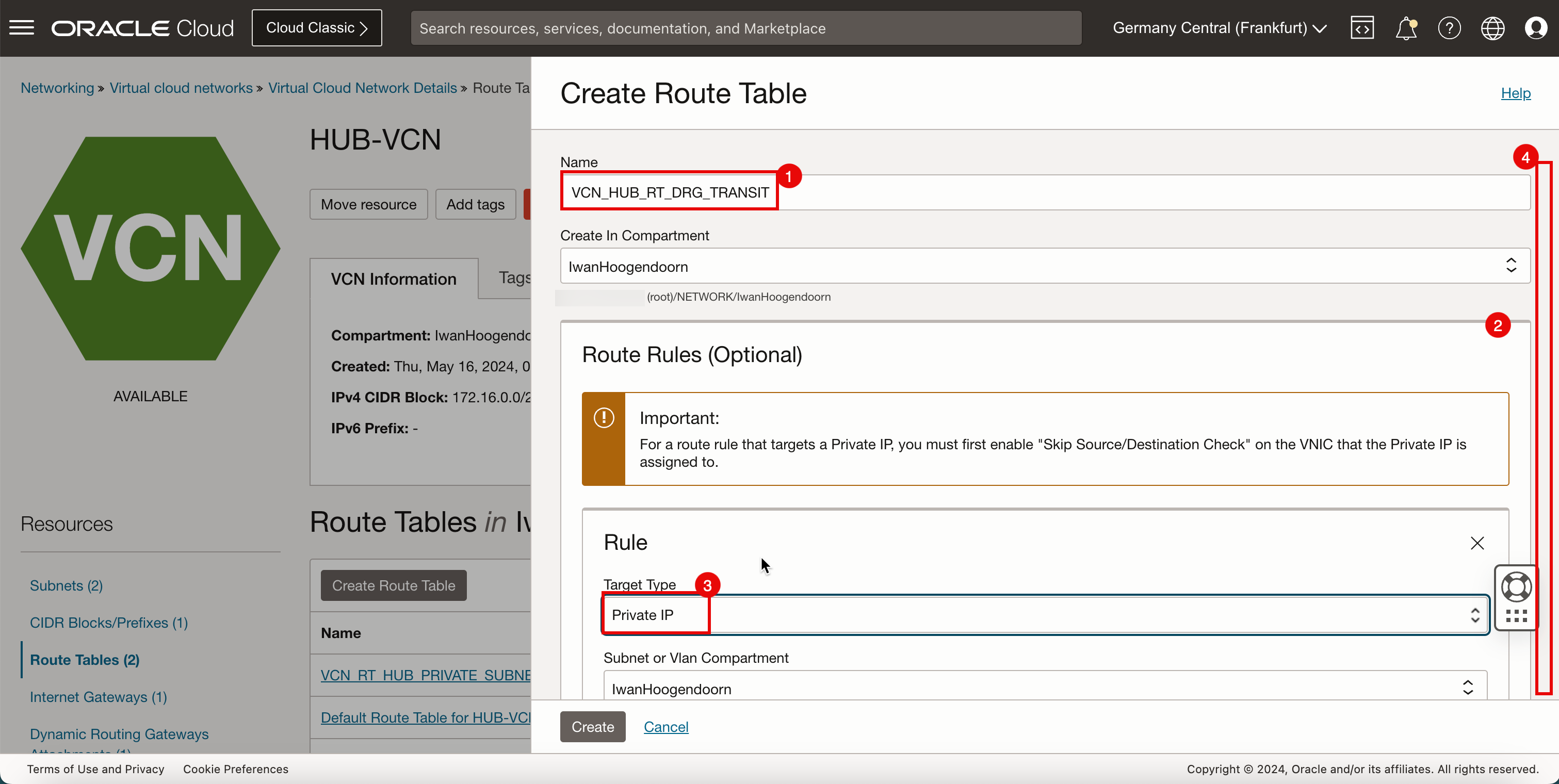

- Fare clic su Crea tabella di instradamento.

- Immettere il nome della nuova tabella di instradamento della VCN hub.

- Fare clic su + Altra regola di instradamento (non nello screenshot).

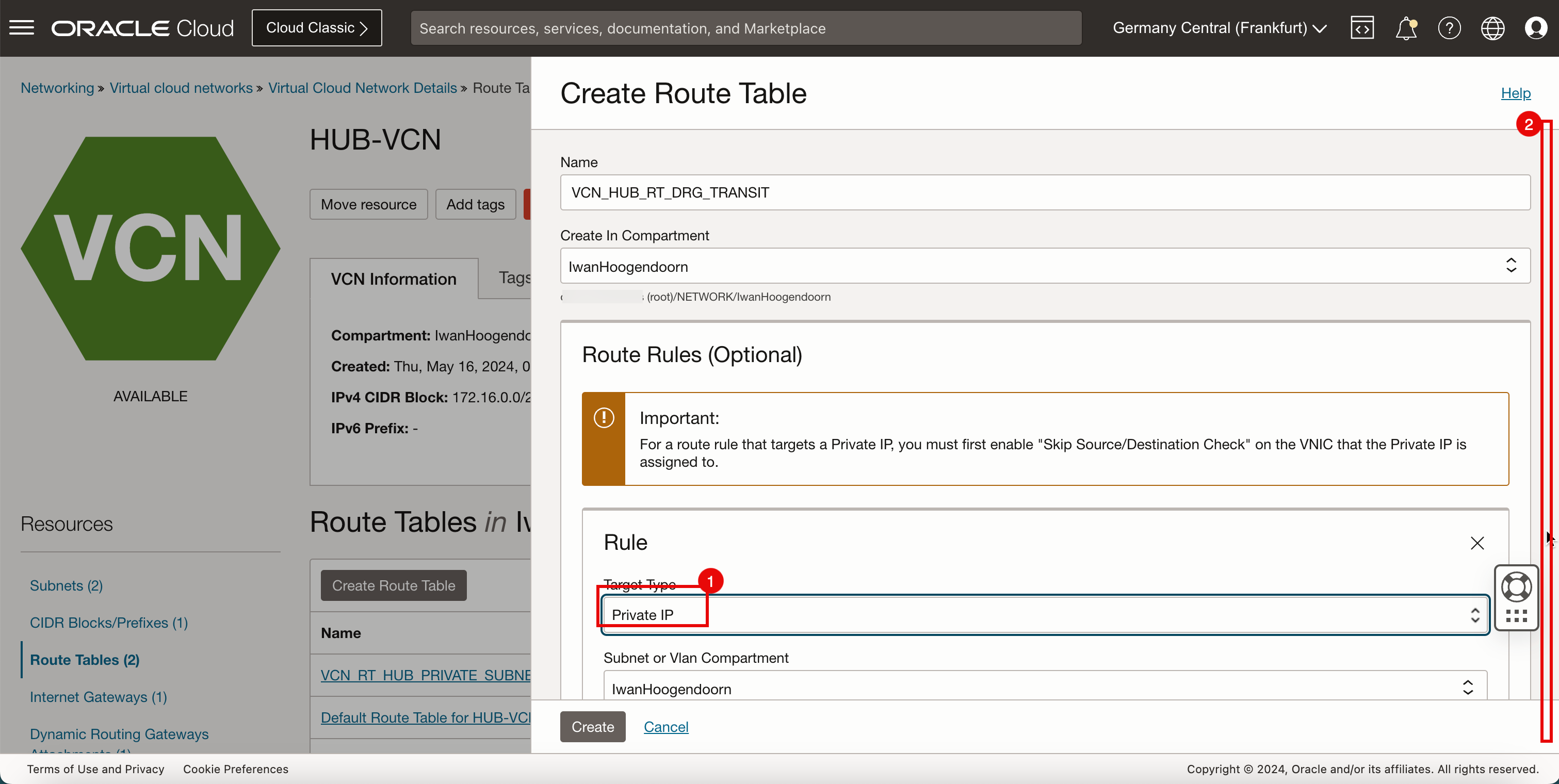

- In Tipo di destinazione selezionare IP privato.

- scorrere in Basso.

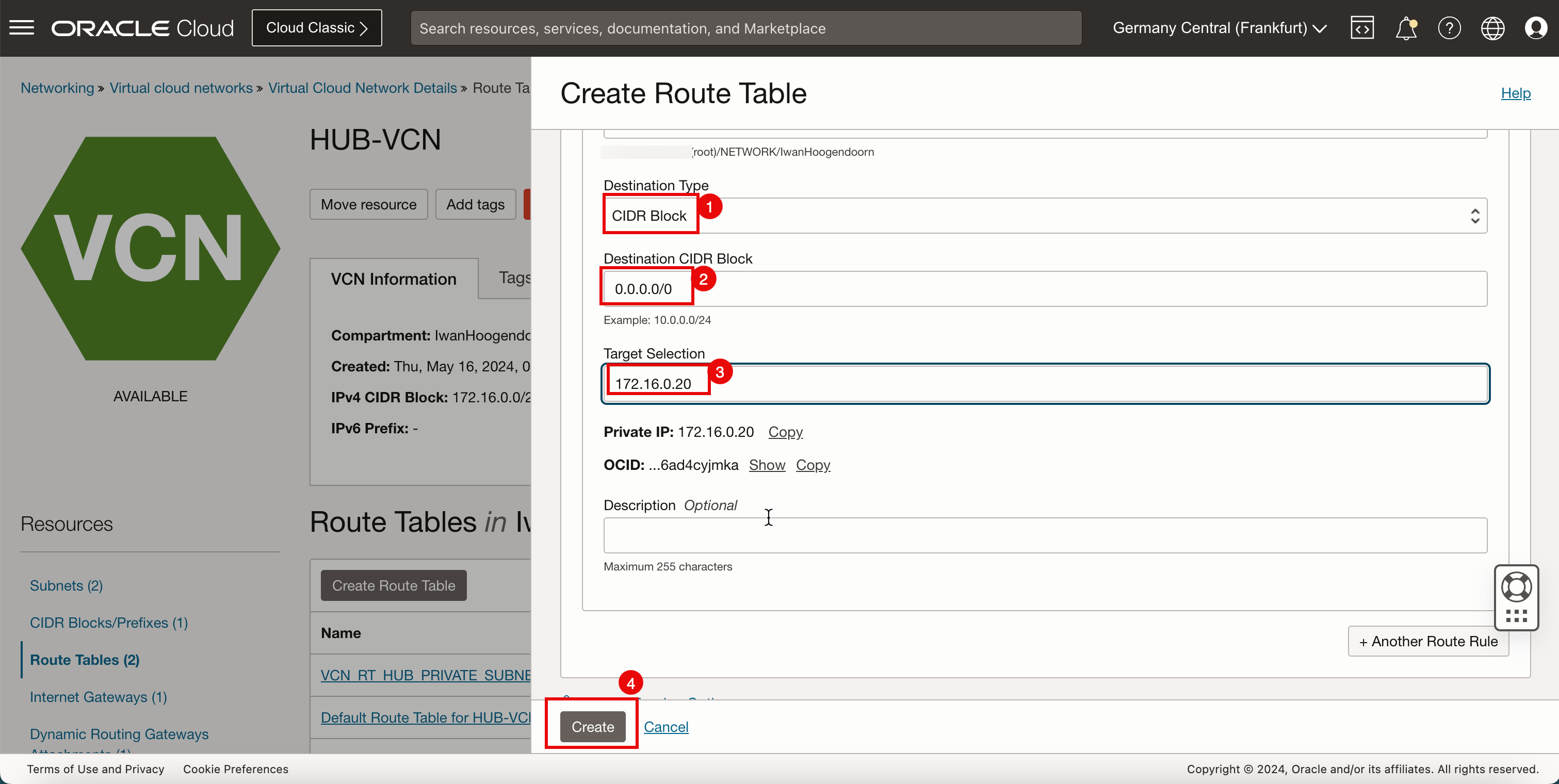

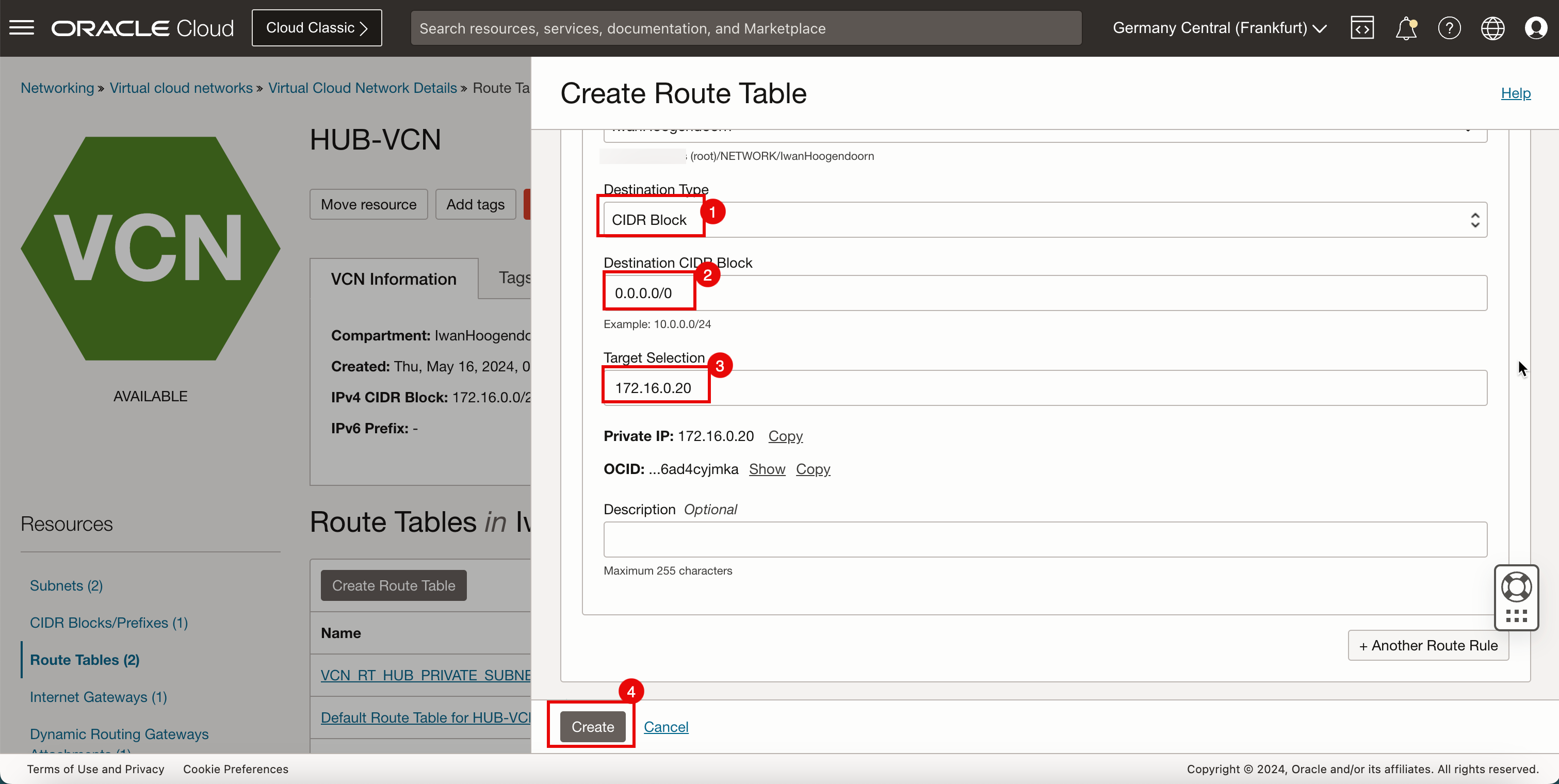

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - Fare clic su Crea.

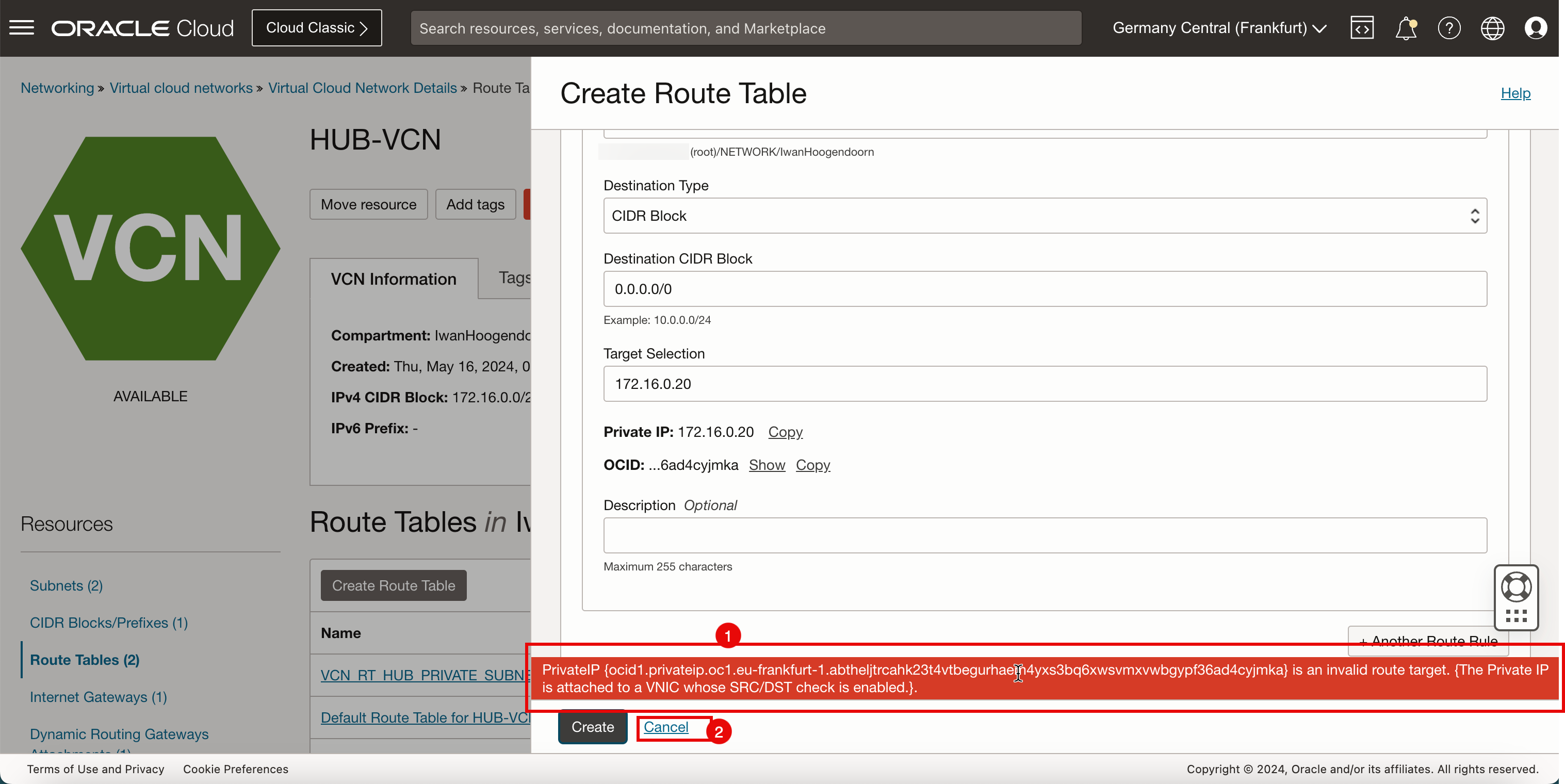

-

Si noti che verrà visualizzato il seguente errore:

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled). -

Fare clic su Annulla.

-

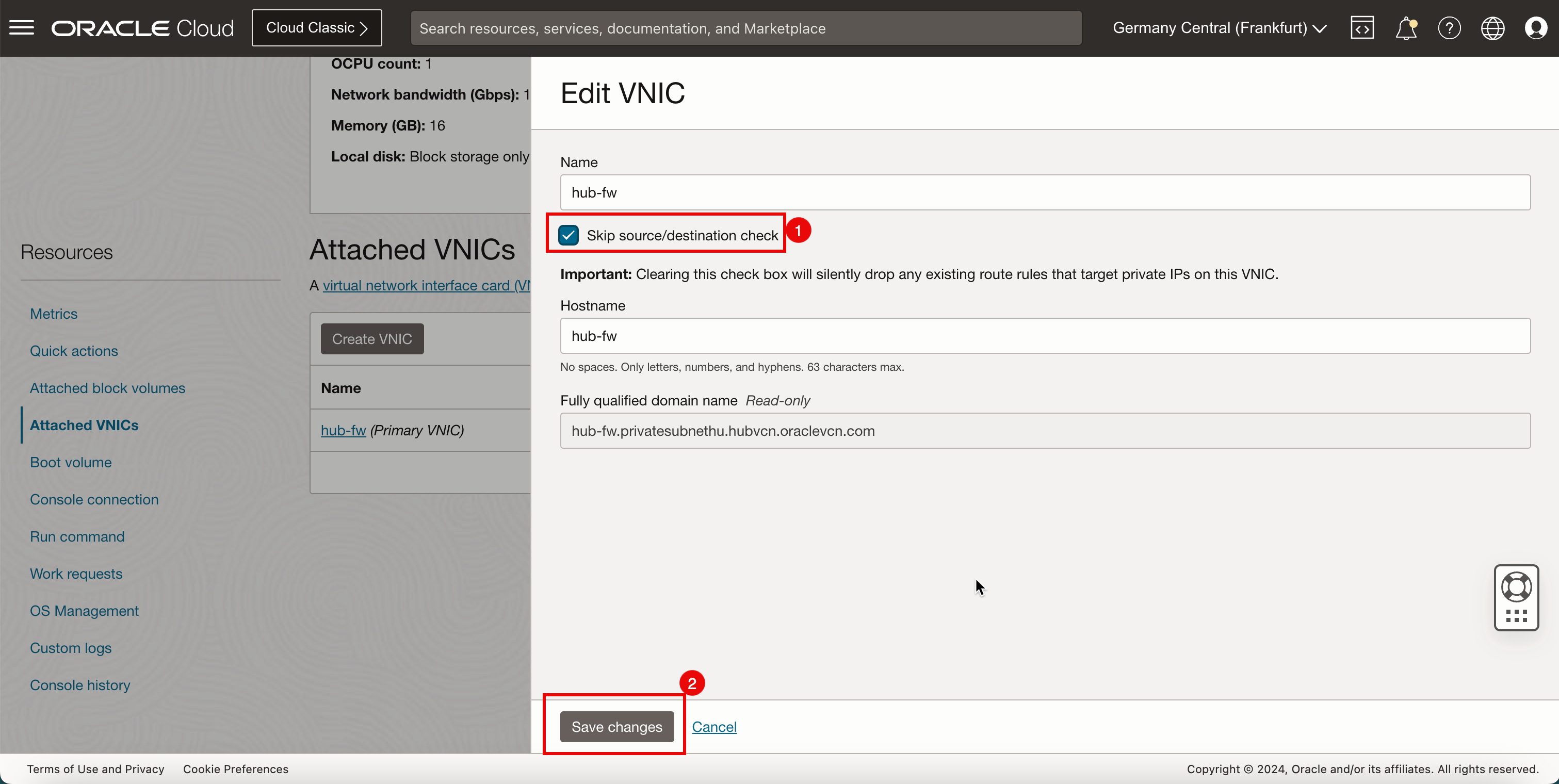

Per risolvere questo problema, è necessario abilitare il controllo dell'origine o della destinazione nella VNIC dell'istanza del firewall pfSense.

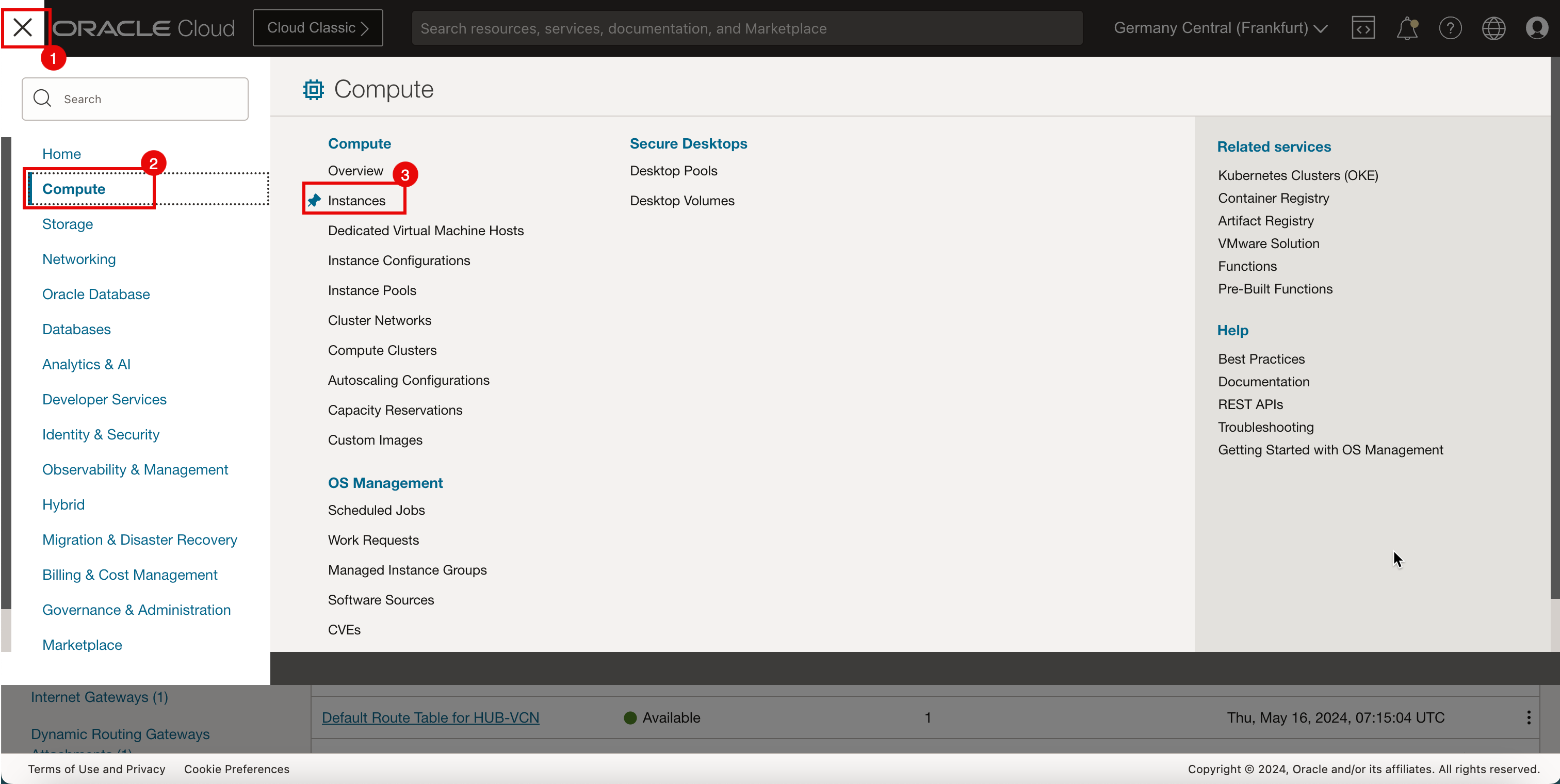

- Clicca sul menu (≡).

- Fare clic su Compute.

- Fare clic su Istanze.

-

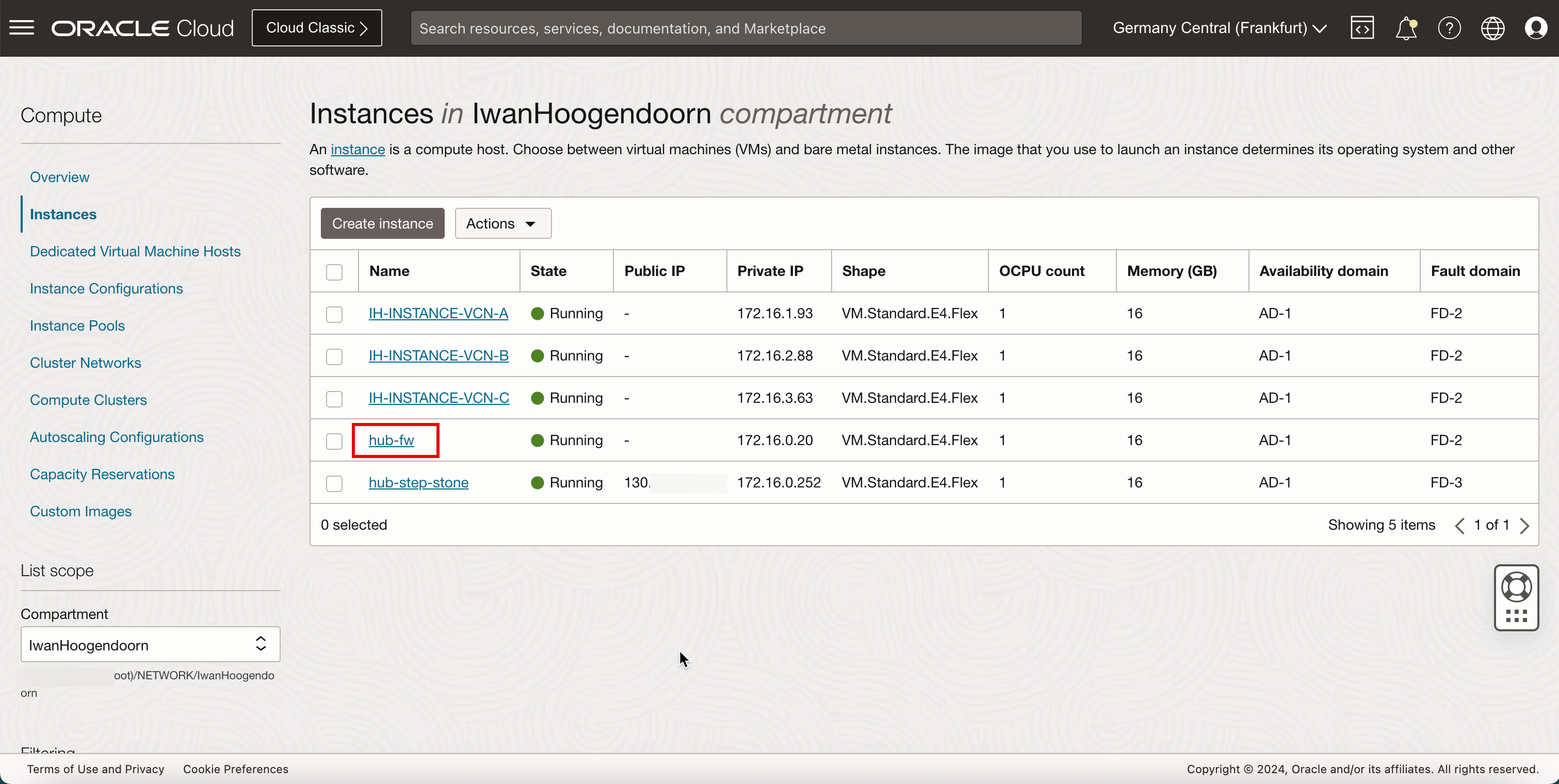

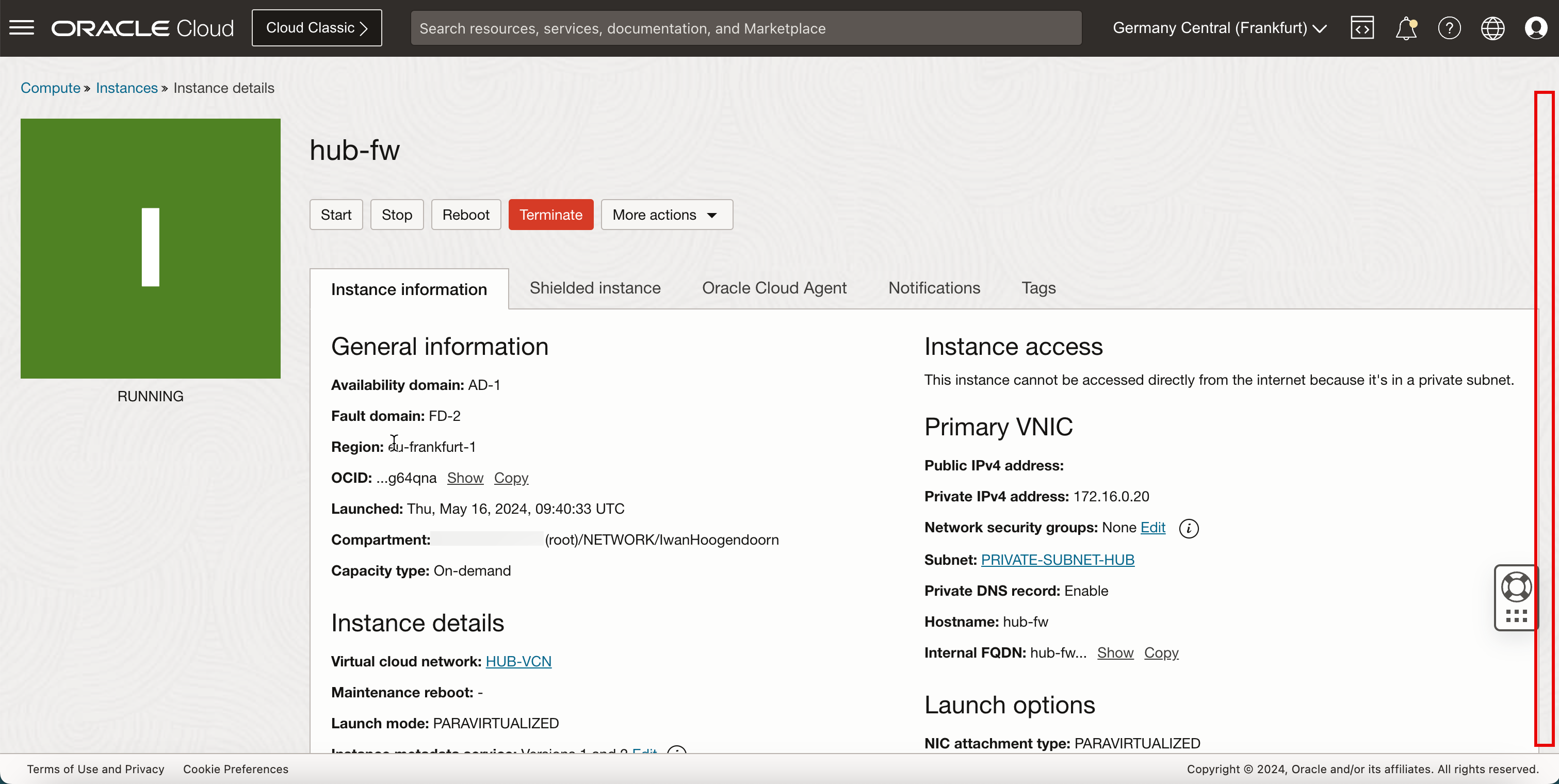

Fare clic sull'istanza

hub-fw(pfSense).

-

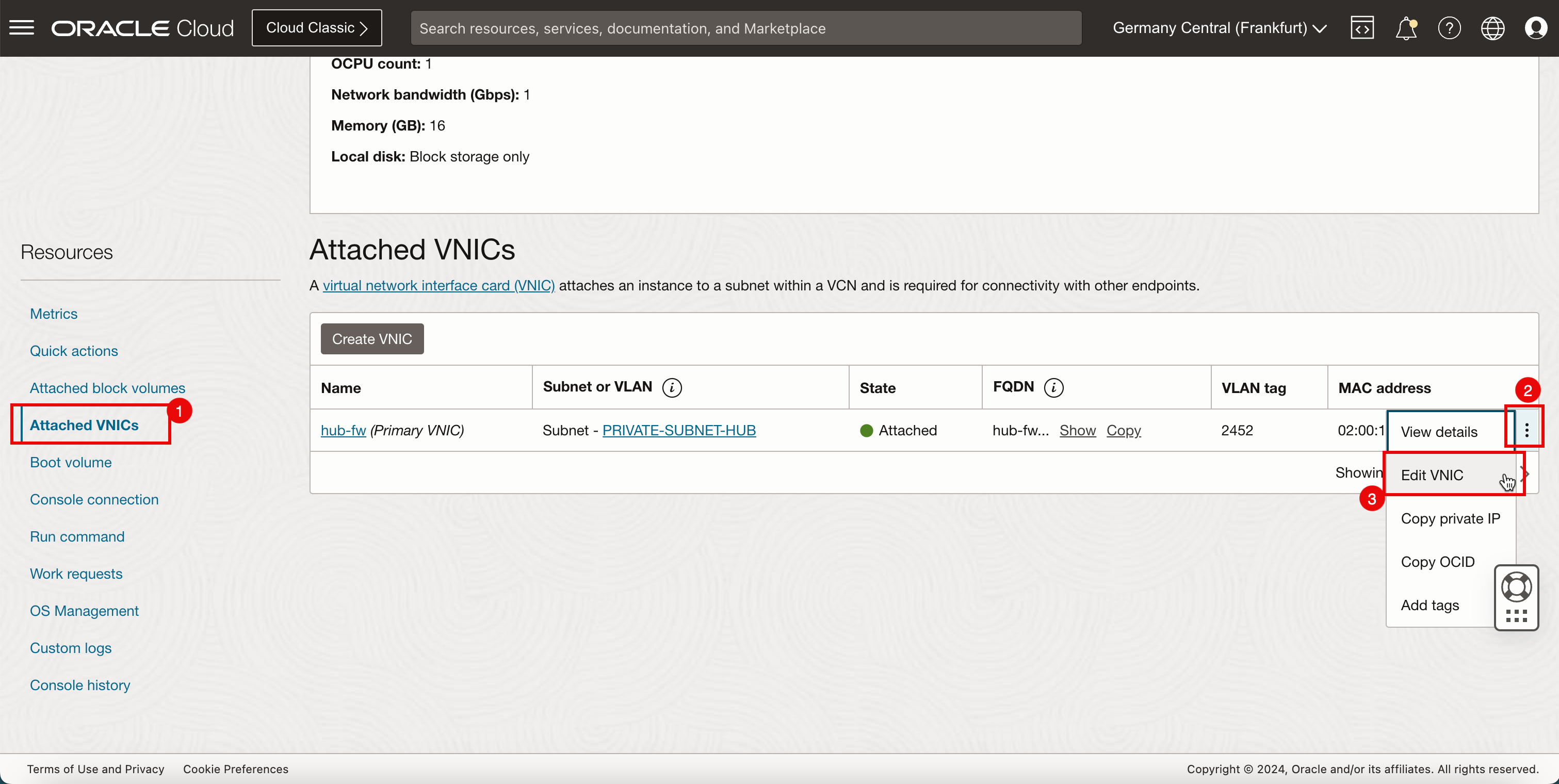

scorrere in Basso.

- Fare clic su VNIC collegate.

- Fare clic sui tre punti della VNIC.

- Fare clic su Modifica VNIC.

- Selezionare Salta controllo origine/destinazione.

- Fare clic su Salva modifiche.

-

Ora, creare le tabelle di routing VNC hub.

- Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Reti cloud virtuali.

-

Fare clic sulla VCN hub.

- Fare clic su Tabelle di instradamento.

- Fare clic su Crea tabella di instradamento.

- Immettere il nome per la nuova tabella di instradamento della VCN hub.

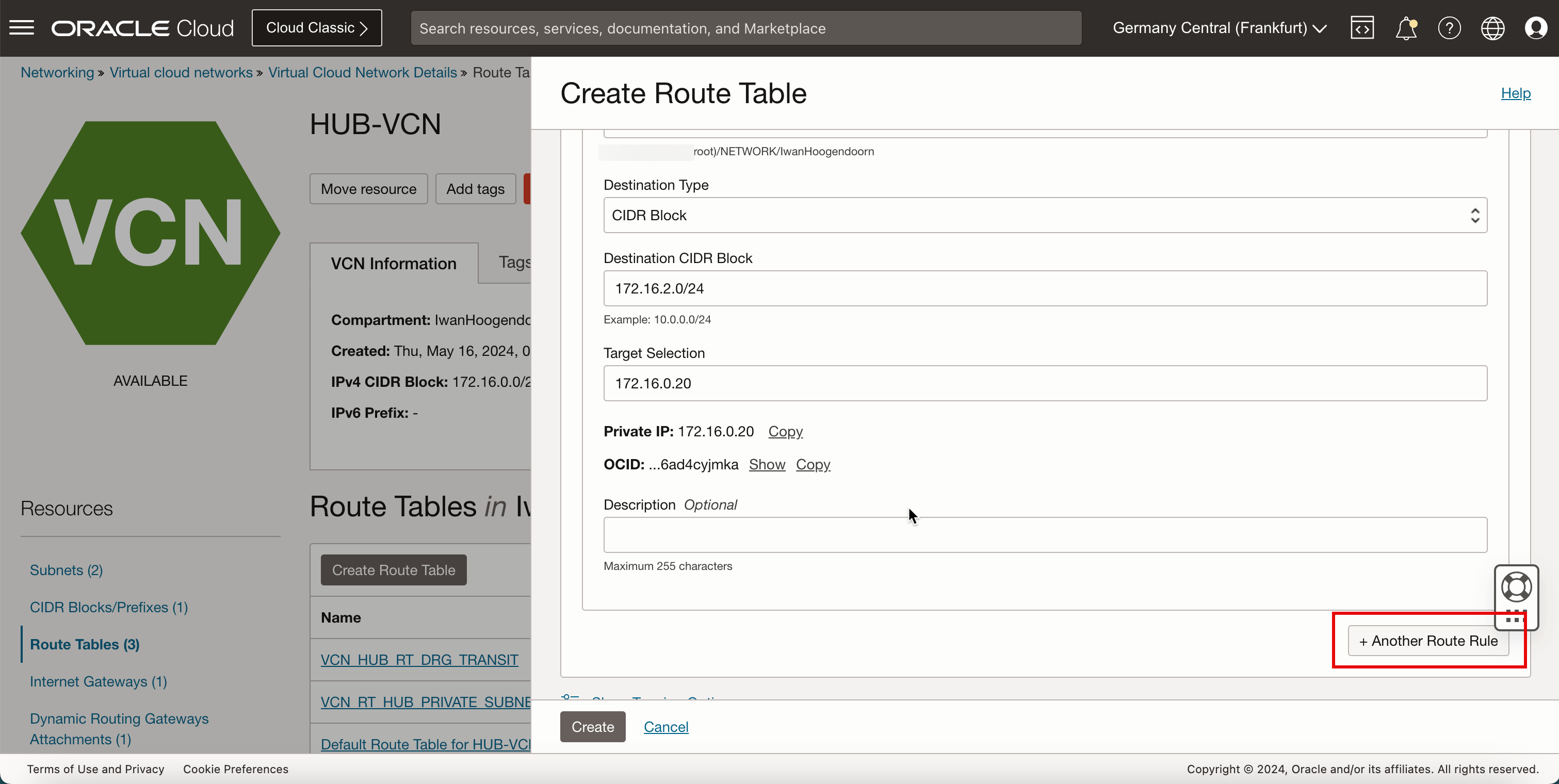

- Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- scorrere in Basso.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - Fare clic su Crea.

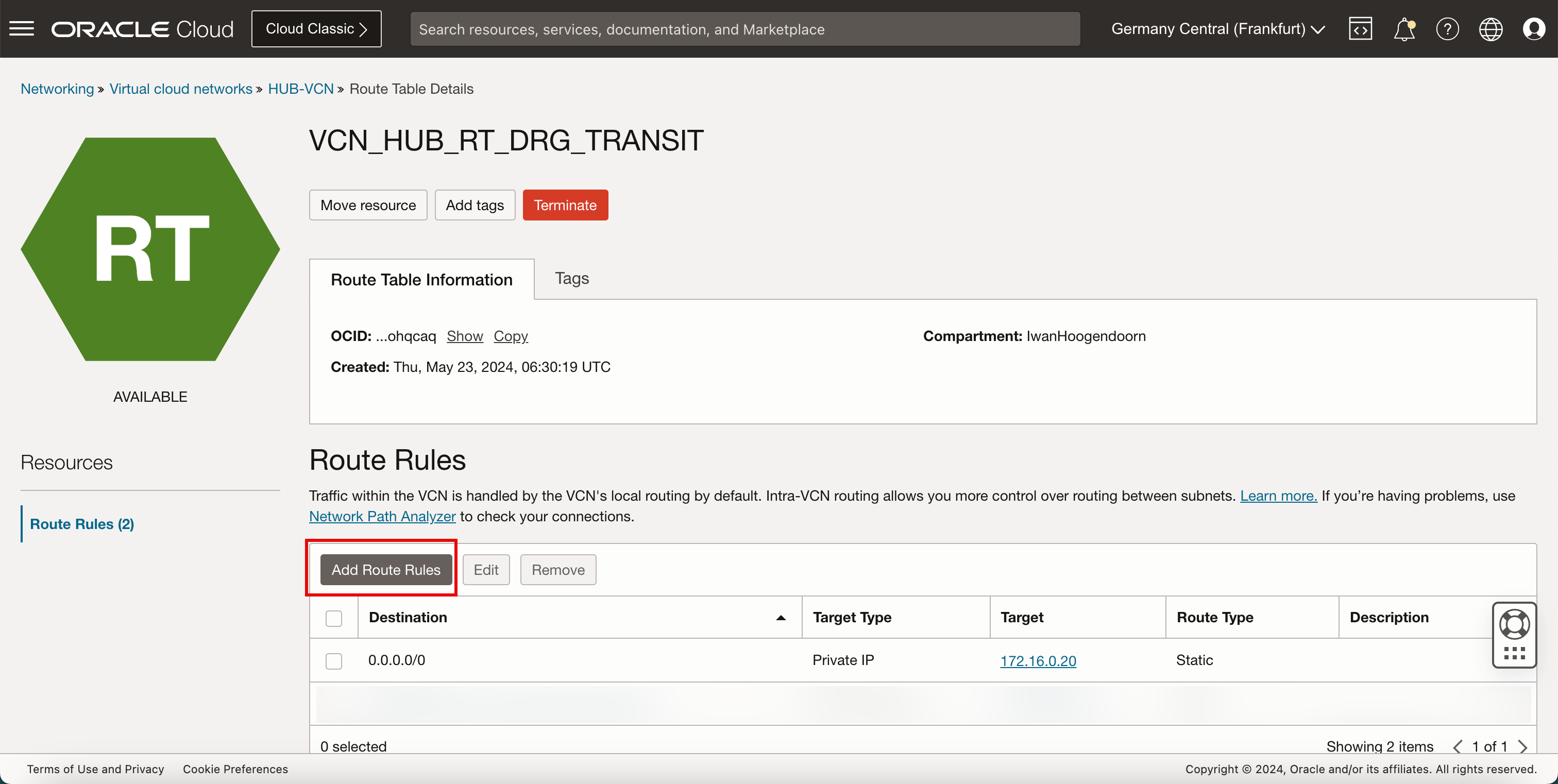

-

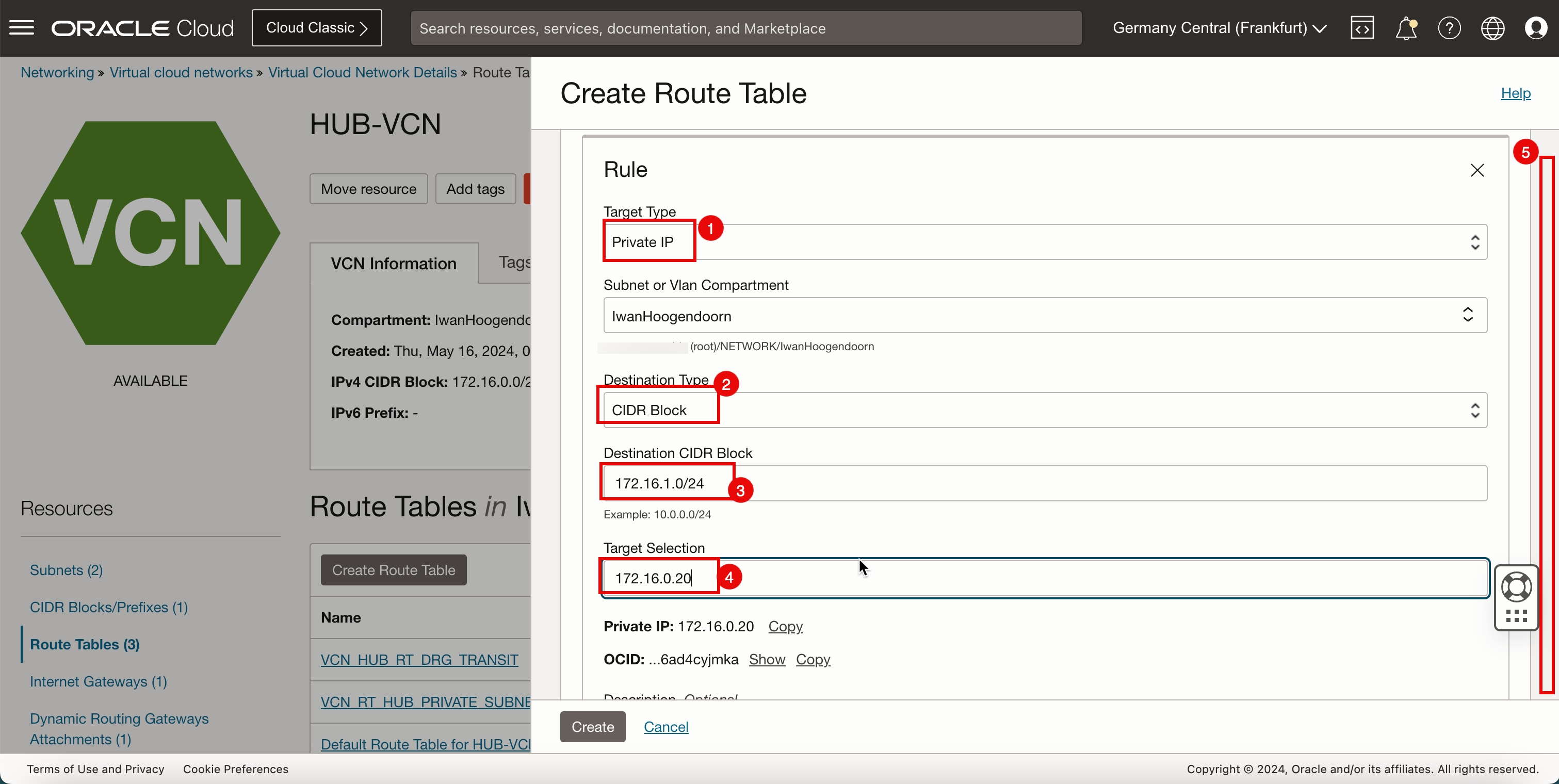

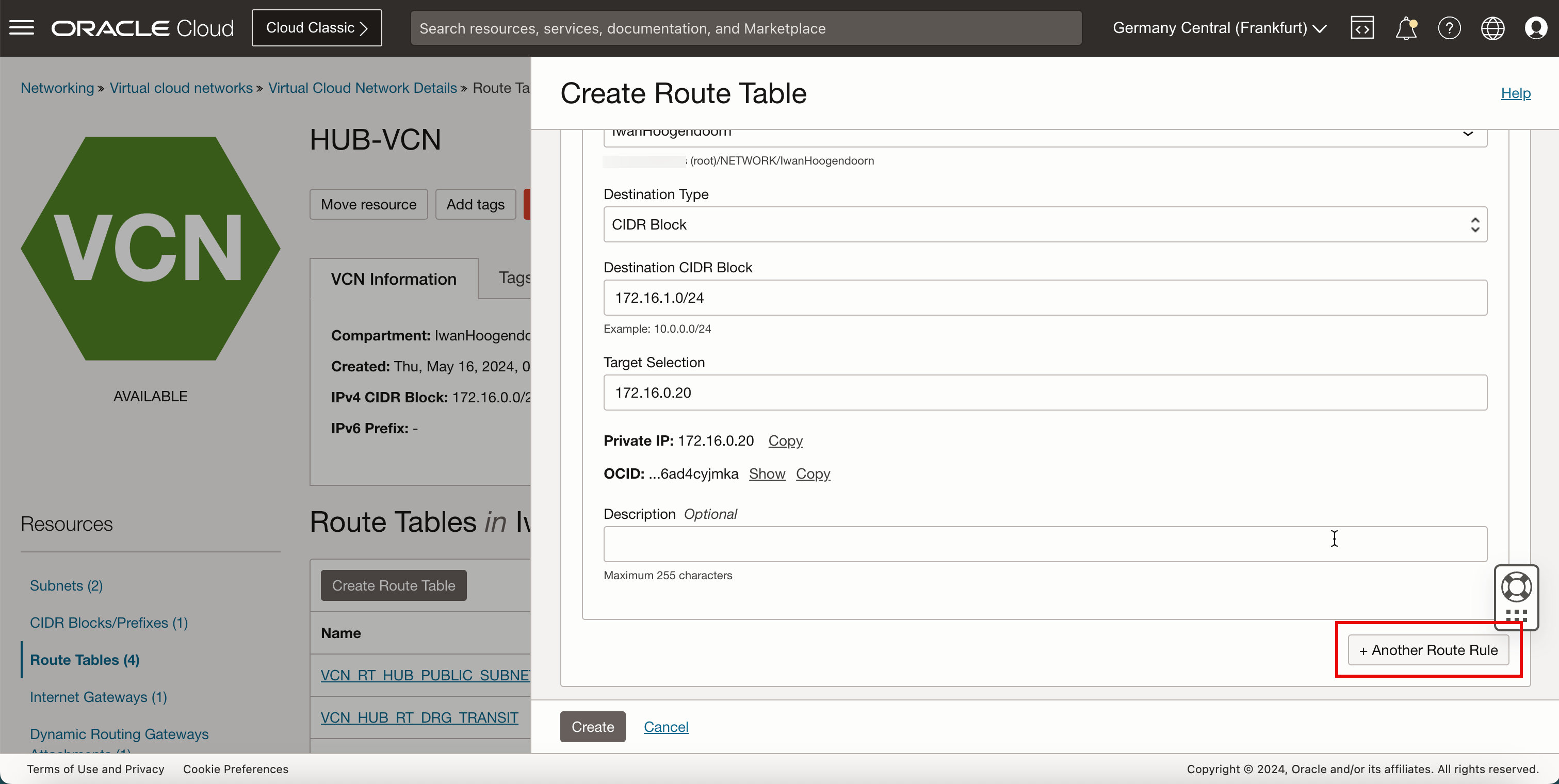

È necessario aggiungere altri tre instradamenti alla tabella di instradamento

VCN_HUB_RT_DRG_TRANSIT. -

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.1.0/24. - In Selezione destinazione, immettere

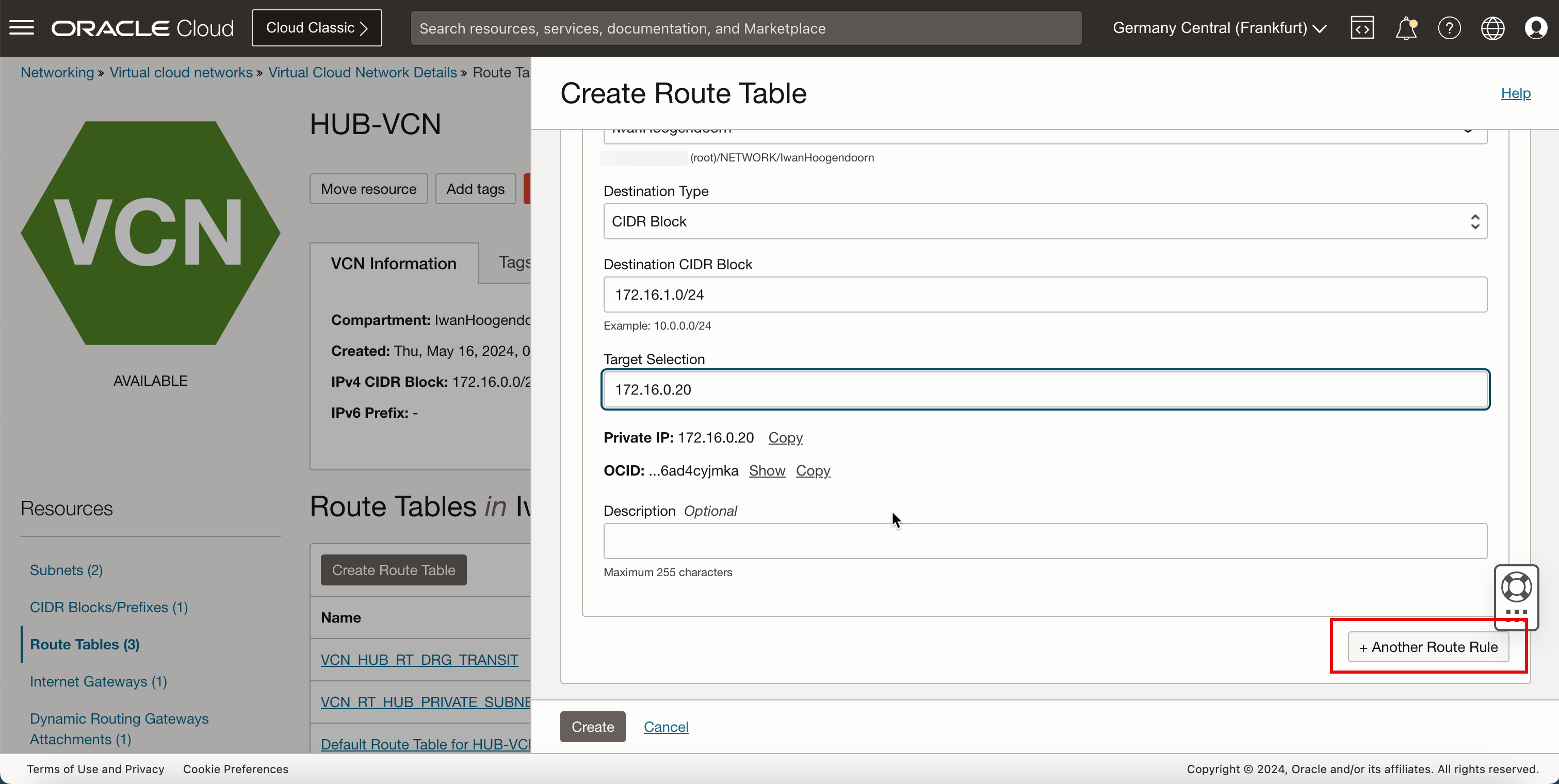

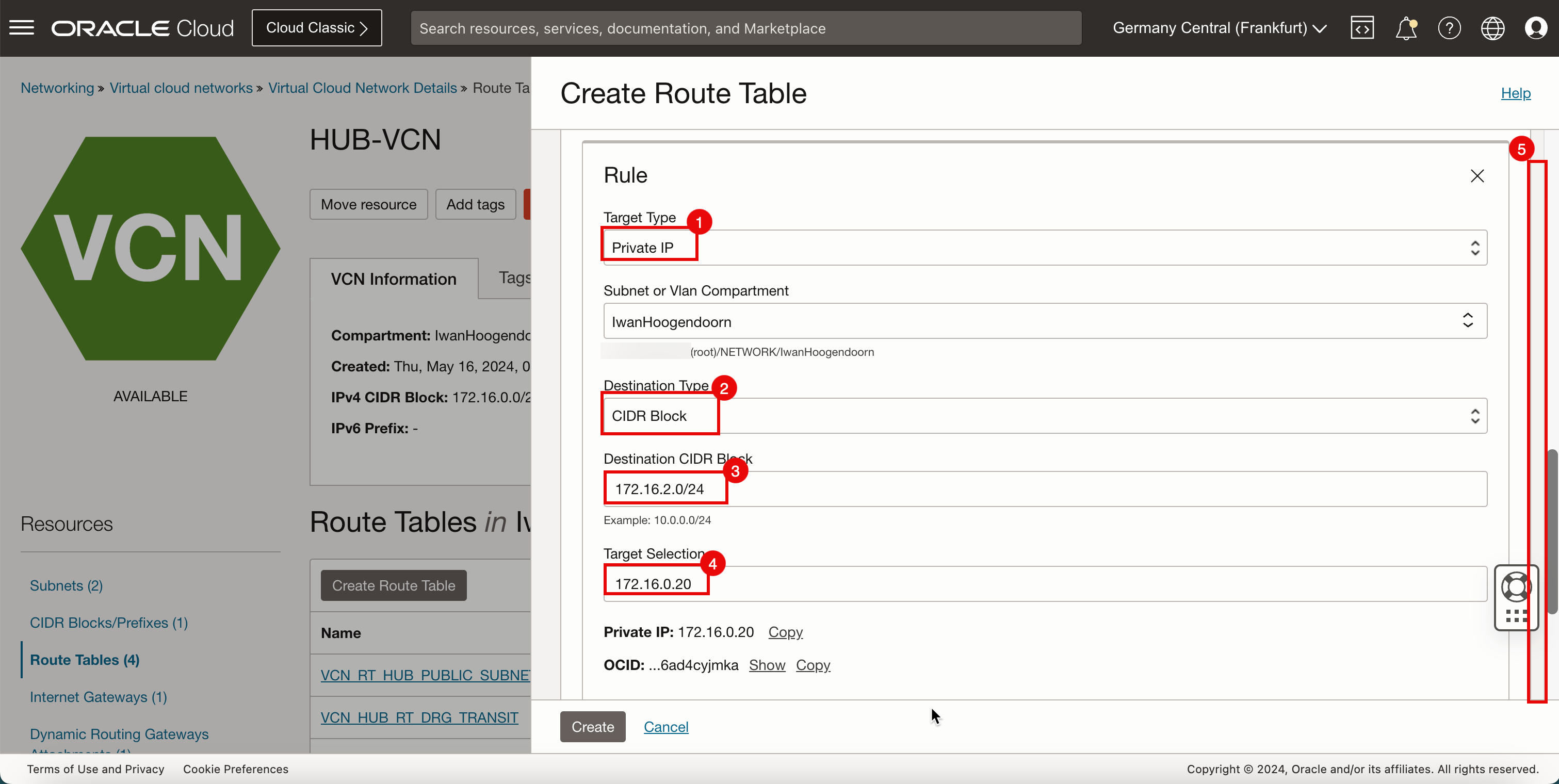

172.16.0.20(indirizzo IP del firewall pfSense). - Fare clic su + Altra regola di instradamento.

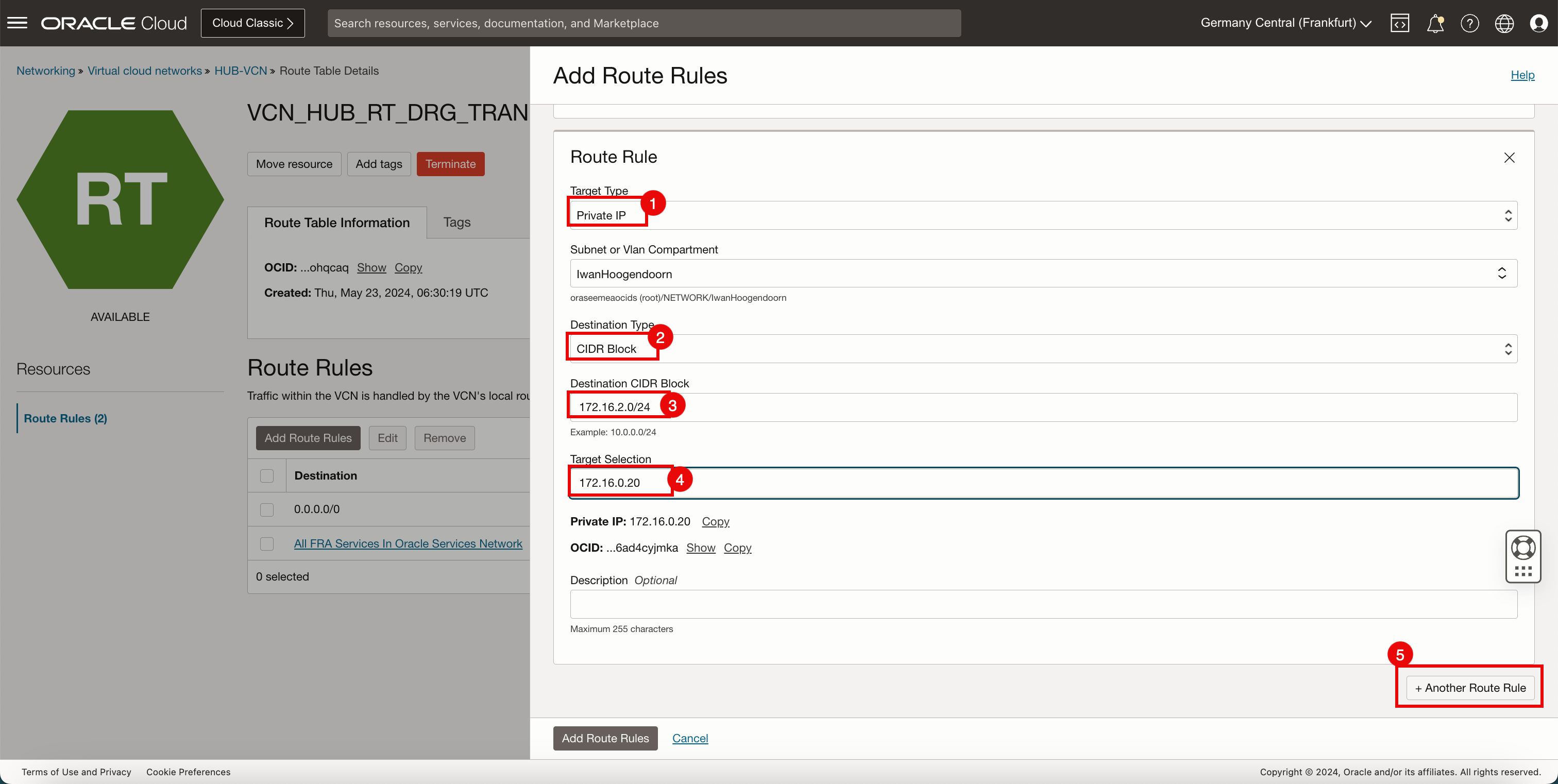

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.2.0/24. - In Selezione destinazione, immettere

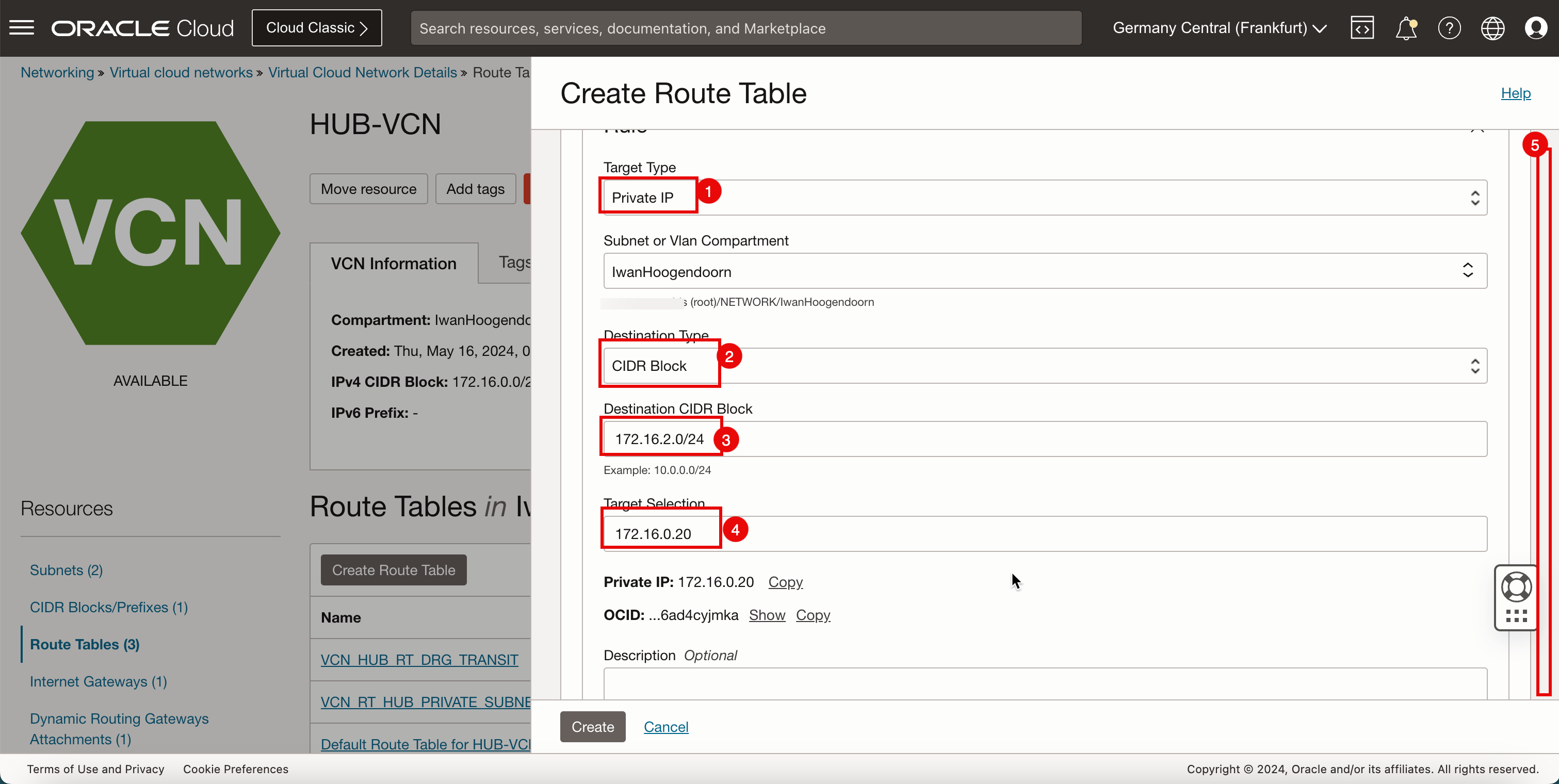

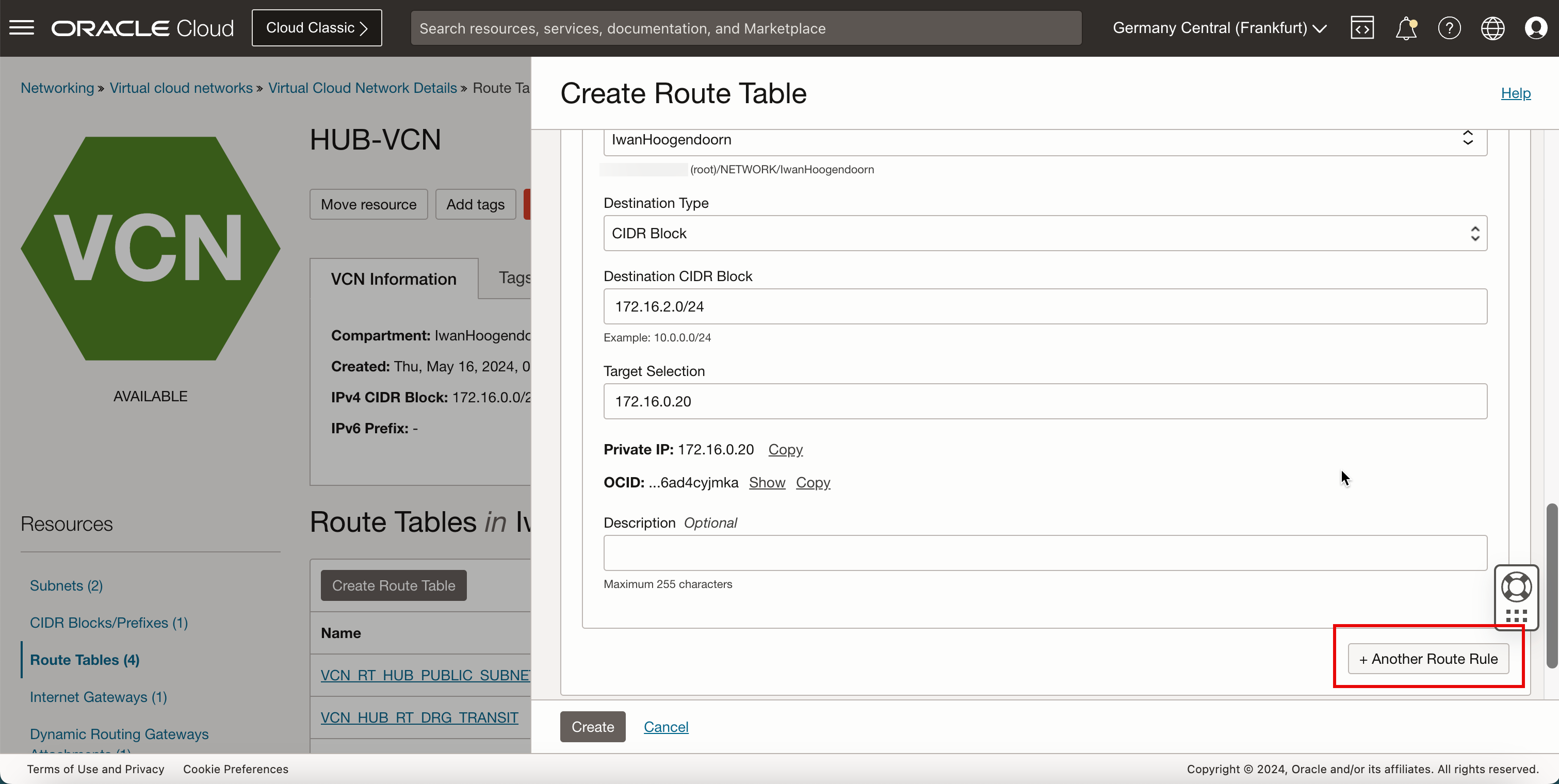

172.16.0.20(indirizzo IP del firewall pfSense). - Fare clic su + Altra regola di instradamento.

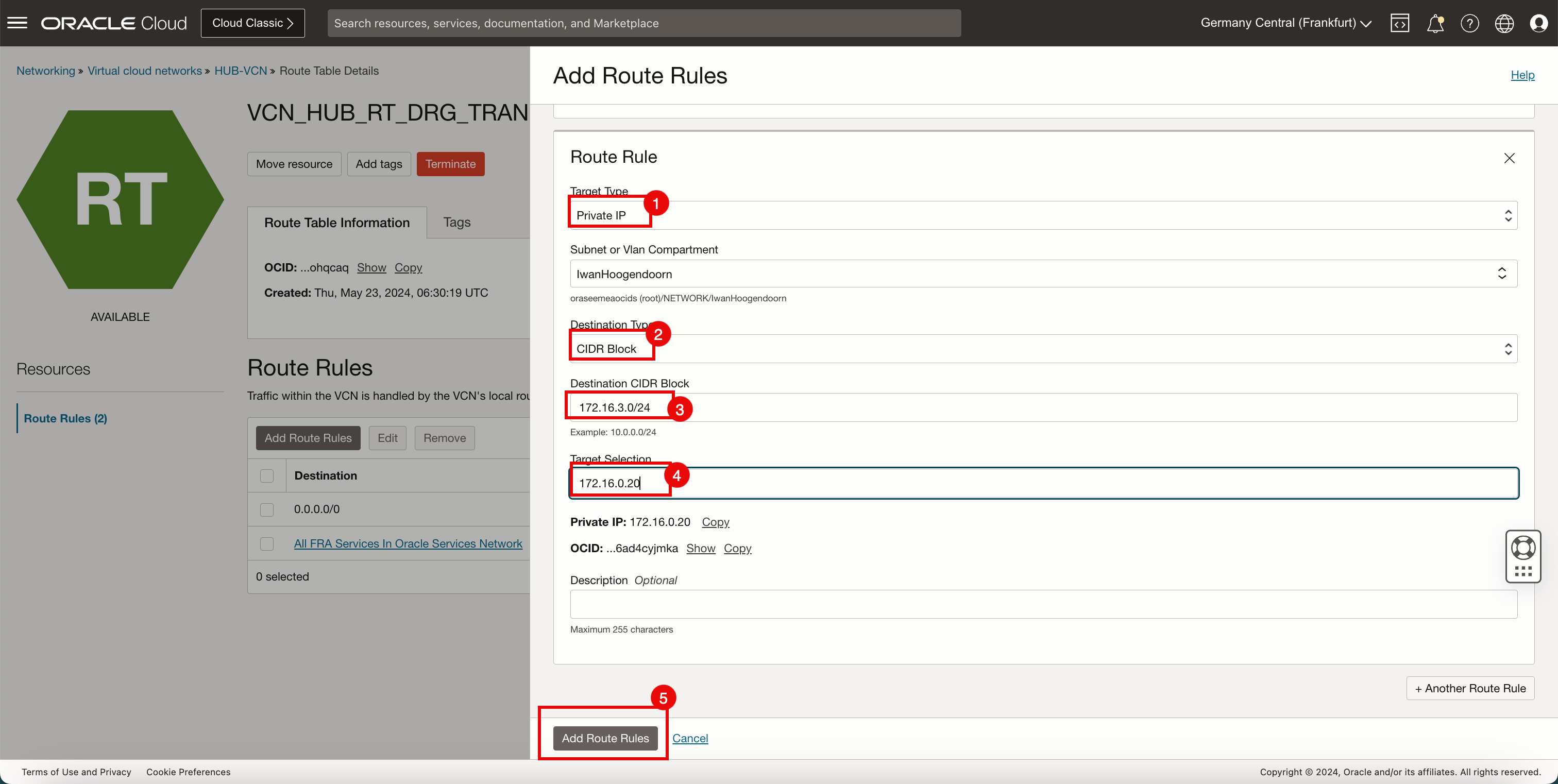

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.3.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - Fare clic su + Altra regola di instradamento.

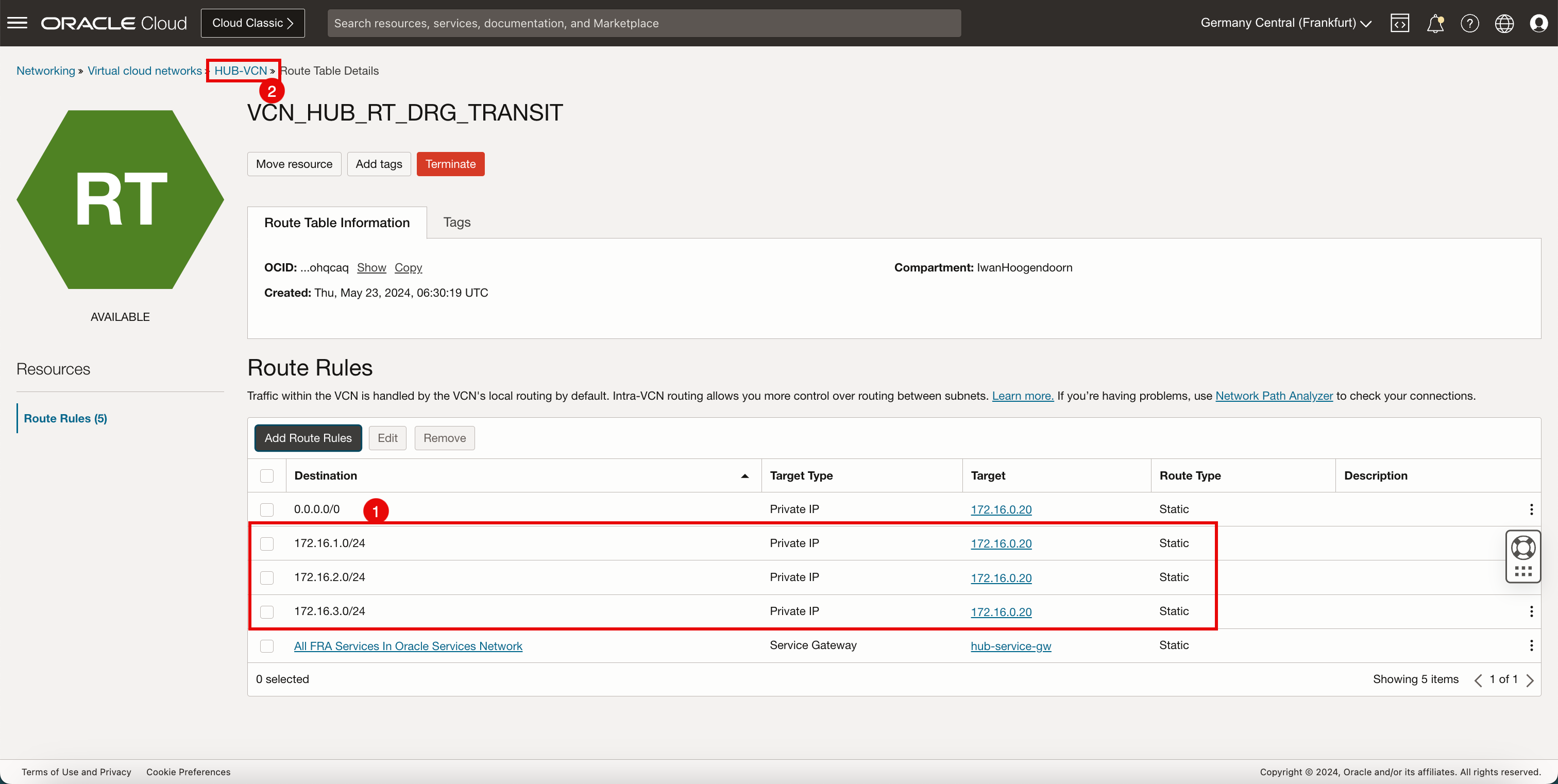

- Tenere presente che sono state create 4 regole di instradamento.

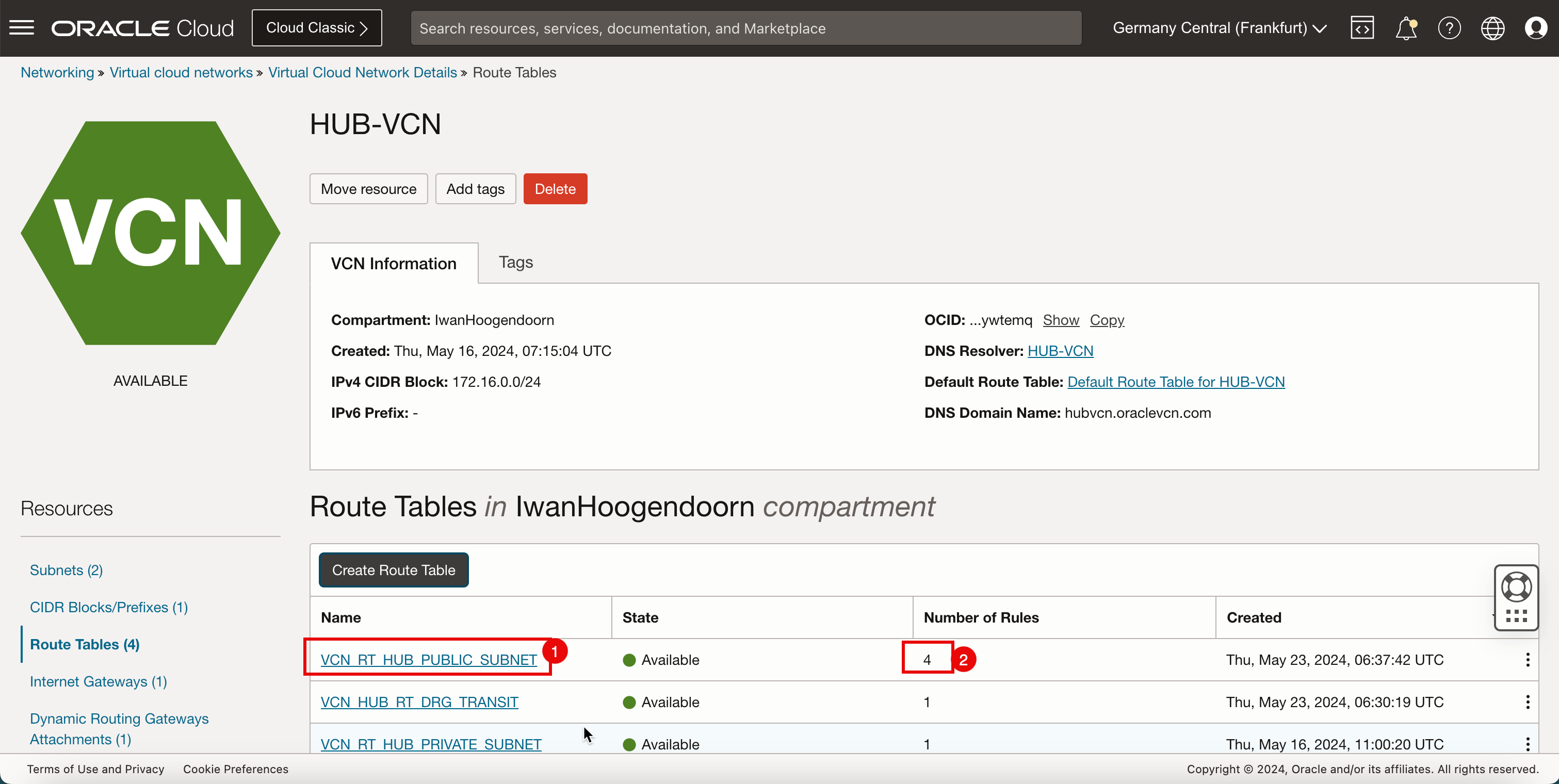

- Fare clic sulla VCN hub per tornare alla pagina VCN hub.

- Tenere presente che la tabella di instradamento della VCN hub è ora inclusa nella lista.

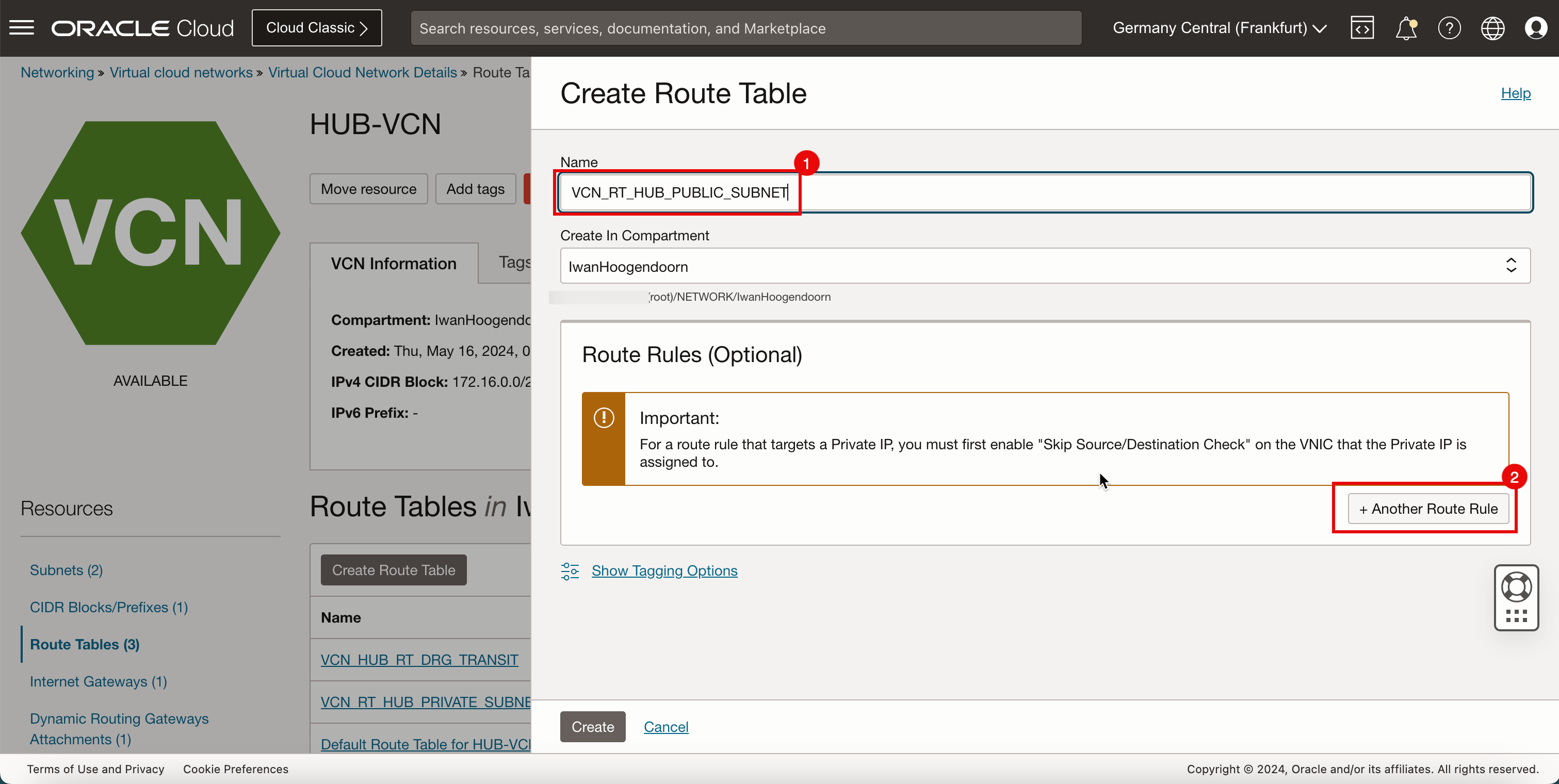

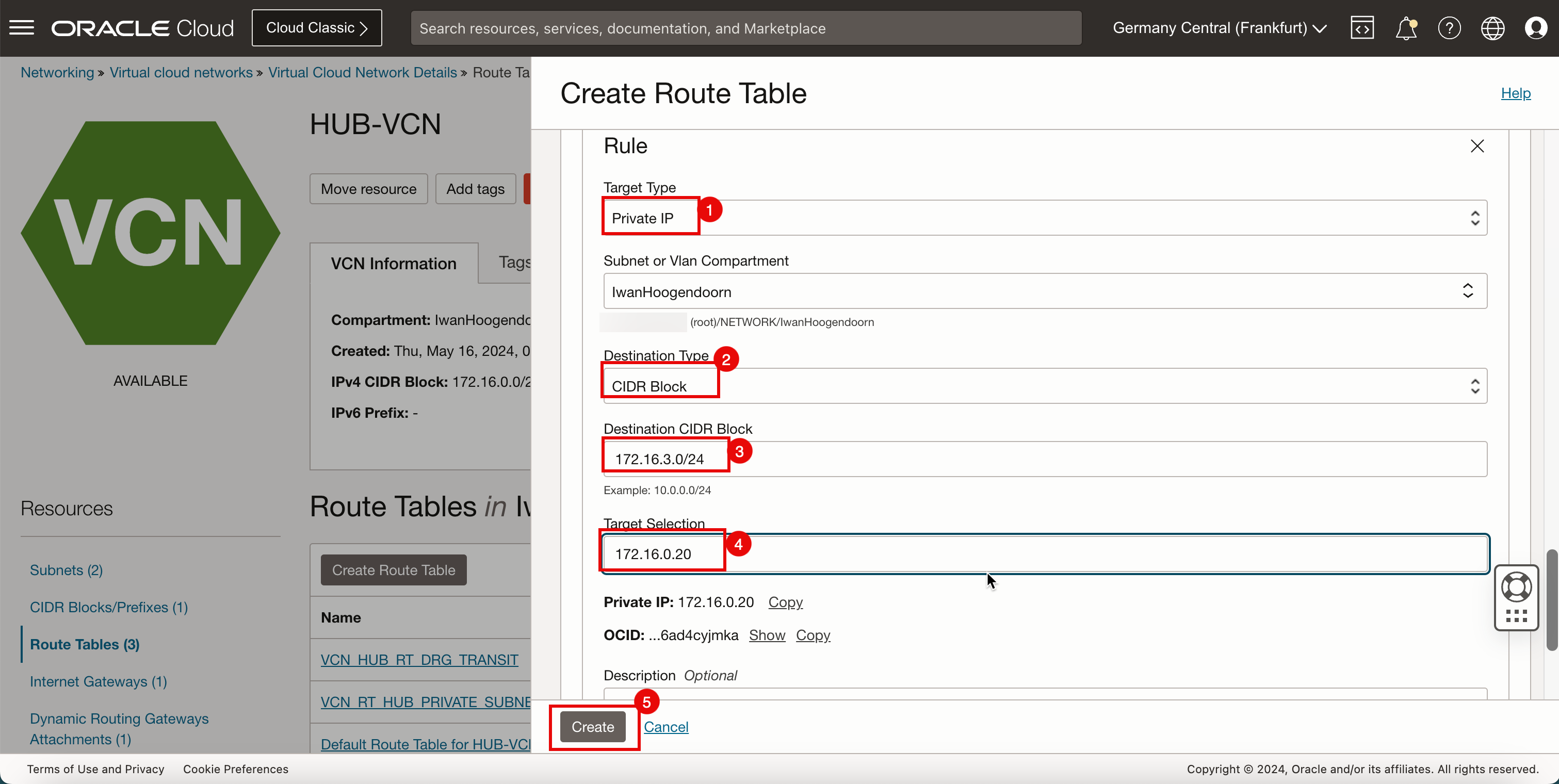

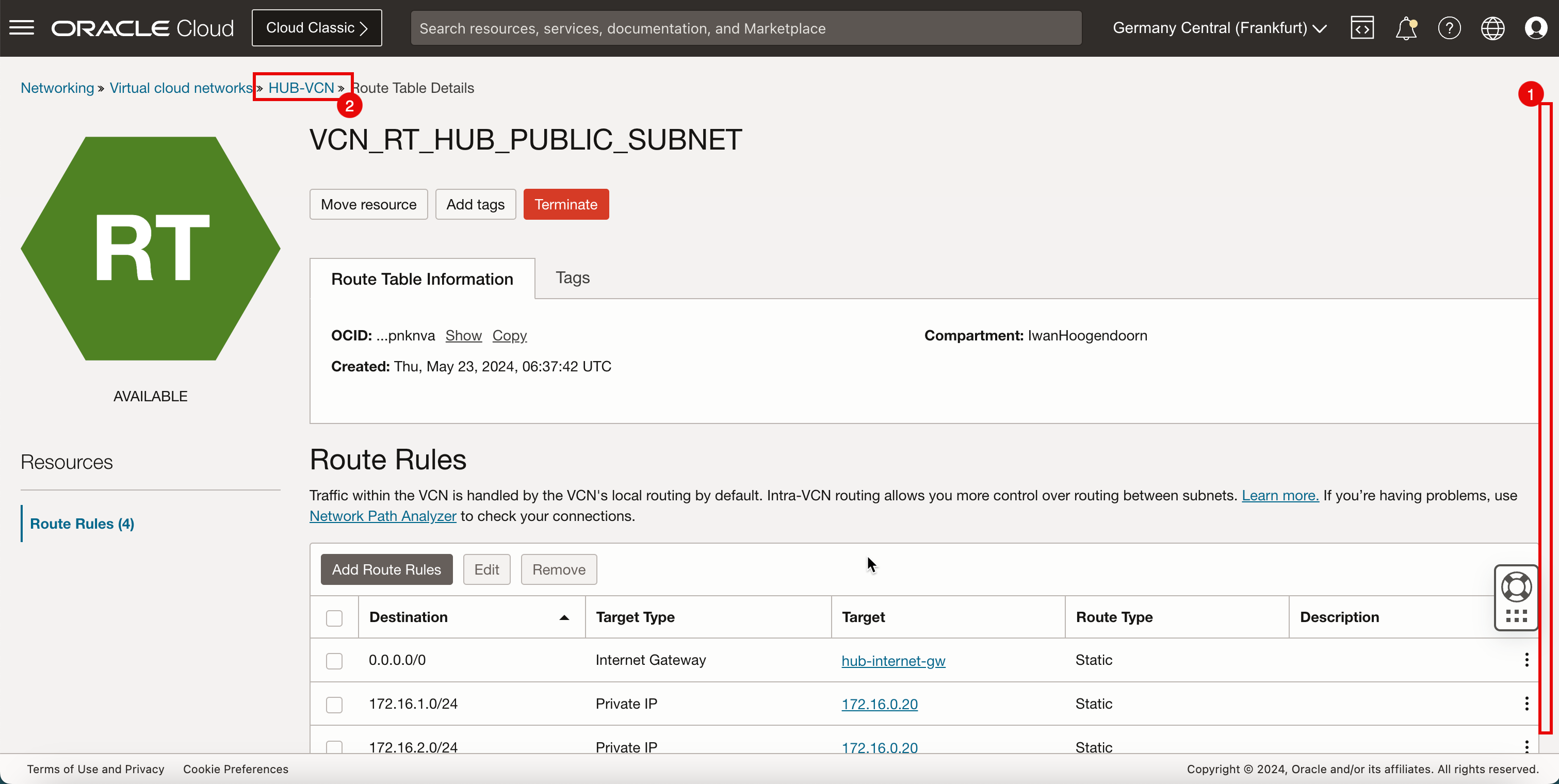

- Fare di nuovo clic su Crea tabella di instradamento per creare un'altra tabella di instradamento VCN hub per la subnet pubblica.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

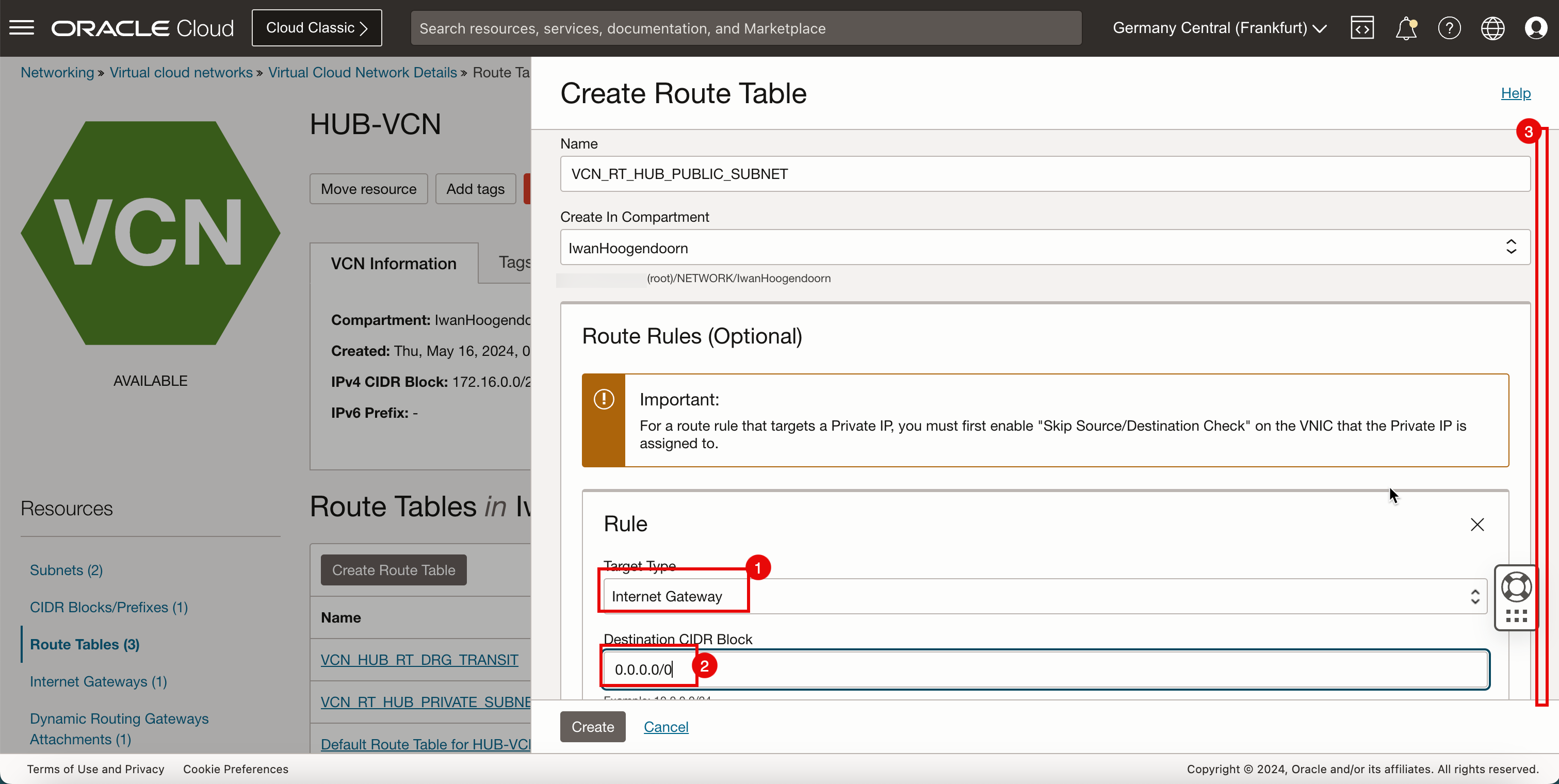

Creare una tabella di instradamento (

VCN_RT_HUB_PUBLIC_SUBNET) nella VCN hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway Internet hub-internet-gateway Statica 172.16.1.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.2.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.3.0/24 IP privato 172.16.0.20 (IP FW) Statica -

Crea tabella di instradamento.

- Immettere il nome per la nuova tabella di instradamento della VCN hub per la subnet pubblica.

- Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare Gateway Internet.

- In Blocco CIDR di destinazione, immettere

0.0.0.0/0. - scorrere in Basso.

- In Gateway Internet di destinazione selezionare il gateway Internet creato in precedenza.

- Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.1.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

-

Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.2.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

-

Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.3.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

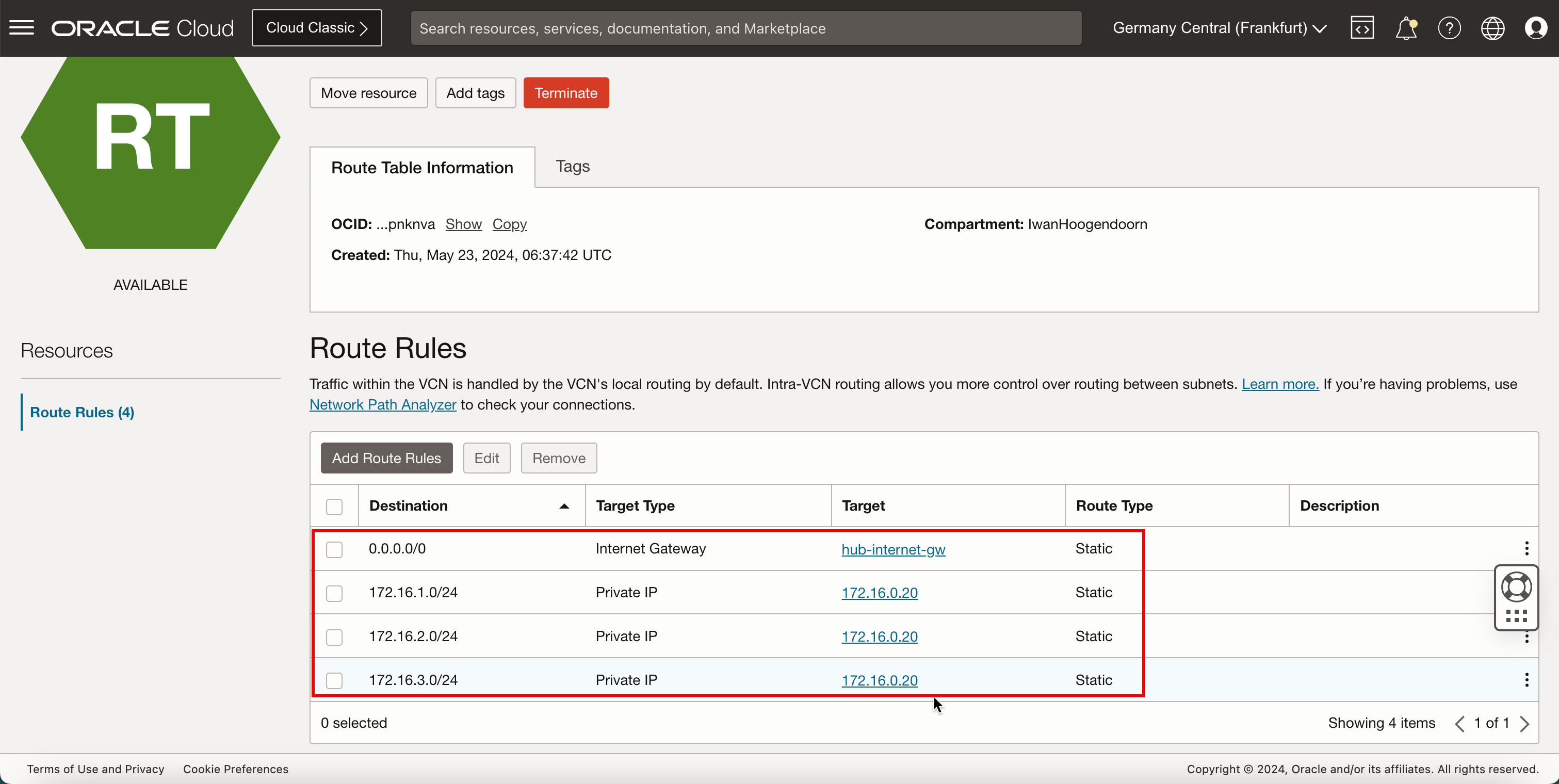

- Si noti che la tabella di instradamento relativa alla subnet pubblica viene creata. Fare clic sul nome della tabella di instradamento.

- Questa tabella di routing contiene inoltre 4 regole di routing.

-

Si noti se sono presenti le 4 regole di instradamento.

- Scorri in alto.

- Fare clic sulla VCN hub per tornare alla pagina VCN hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

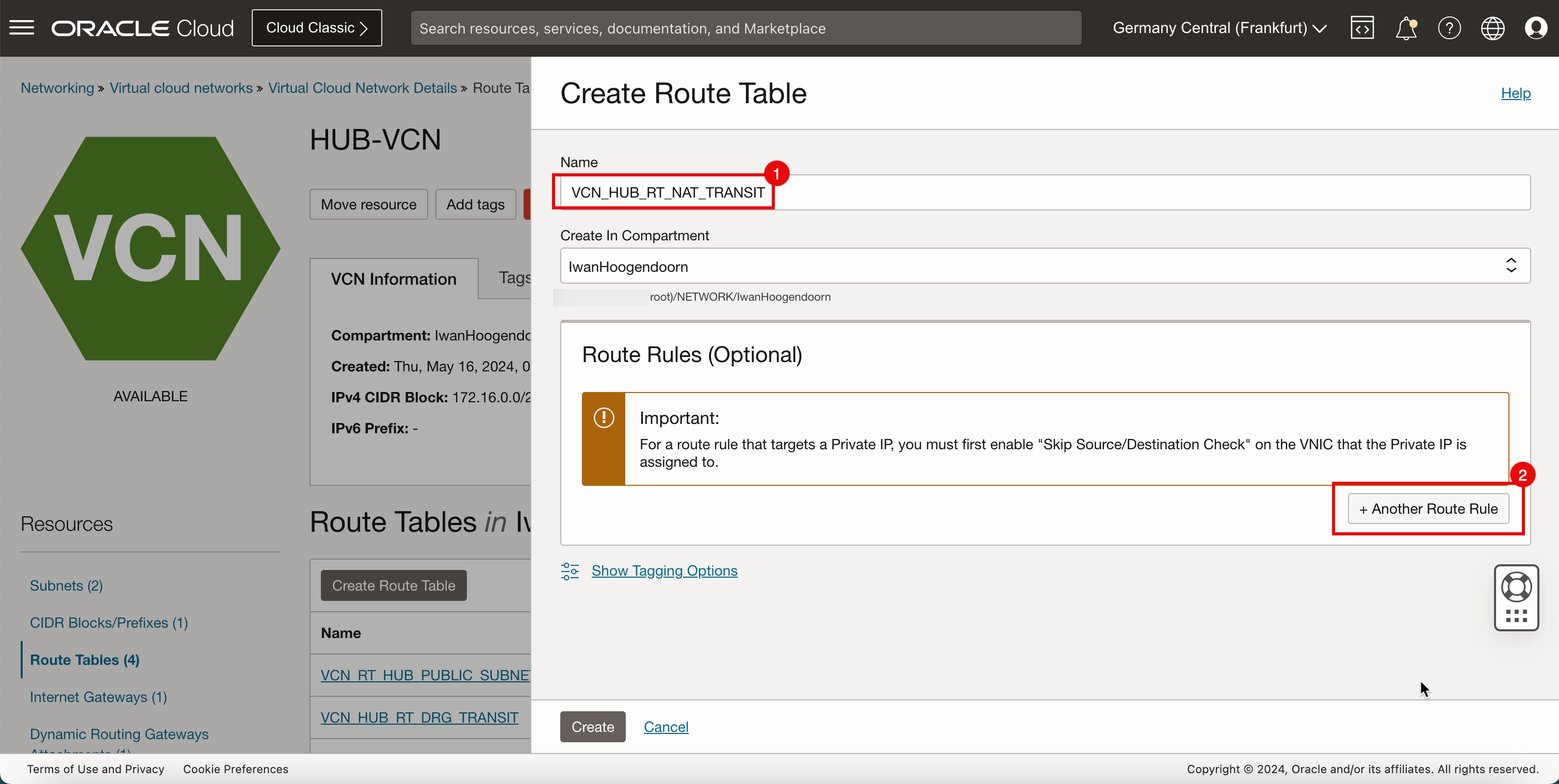

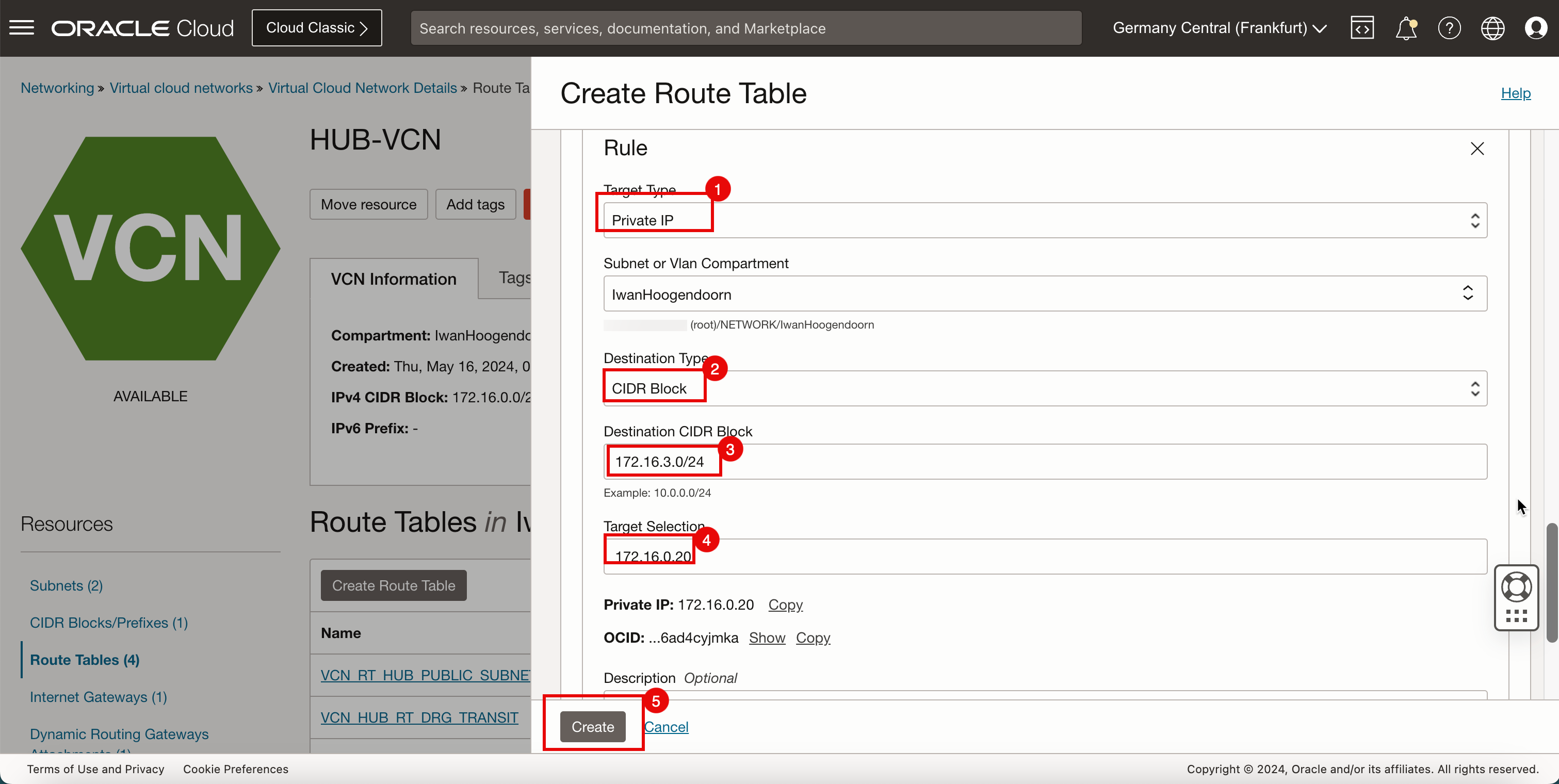

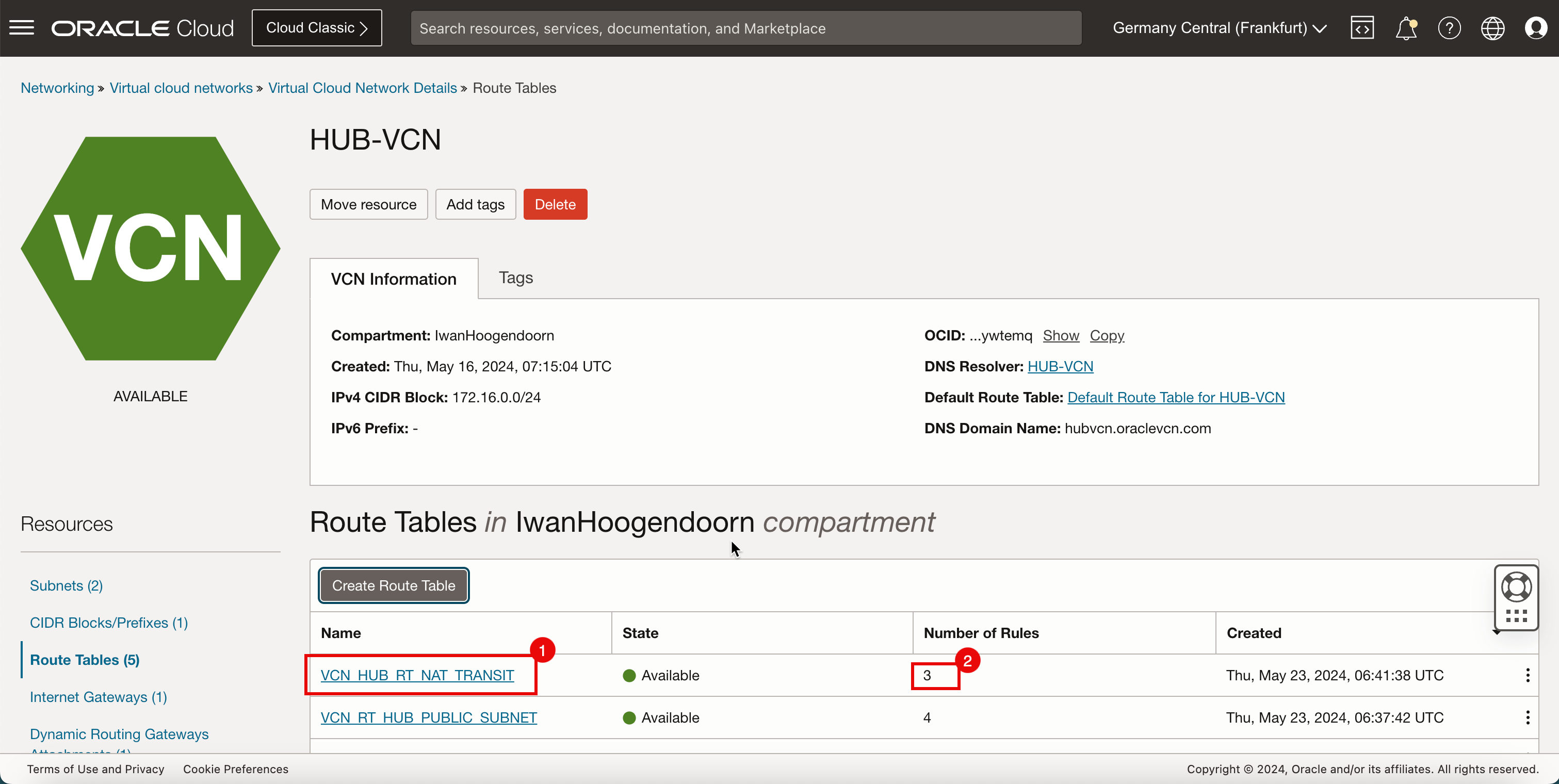

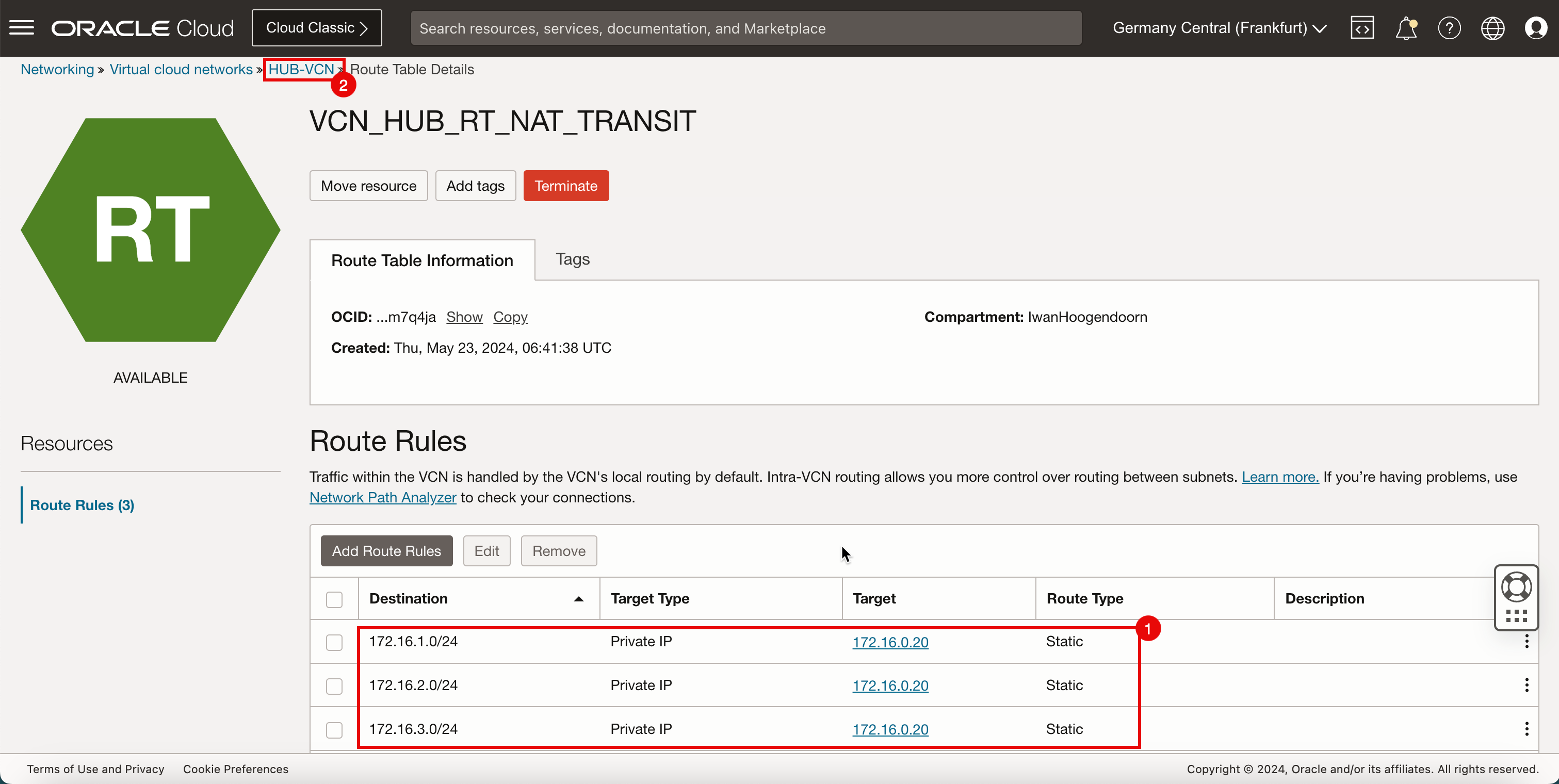

Creare una tabella di instradamento (

VCN_HUB_RT_NAT_TRANSIT) nella VCN dell'hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 172.16.1.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.2.0/24 IP privato 172.16.0.20 (IP FW) Statica 172.16.3.0/24 IP privato 172.16.0.20 (IP FW) Statica - Fare clic su Tabelle di instradamento.

- Fare di nuovo clic su Crea tabella di instradamento per creare un'altra tabella di instradamento VCN hub per il gateway NAT.

- Immettere il nome per la nuova tabella di instradamento della VCN hub per il gateway NAT.

- Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.1.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

-

Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.2.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

-

Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione selezionare IP privato.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.3.0/24. - In Selezione destinazione, immettere

172.16.0.20(indirizzo IP del firewall pfSense). - scorrere in Basso.

- Tenere presente che la tabella di instradamento per il gateway NAT viene creata. Fare clic sul nome della tabella di instradamento.

- Si noti inoltre che questa tabella di routing contiene 3 regole di routing.

- Nota le 3 regole di instradamento che abbiamo creato.

- Fare clic su VCN hub per tornare alla pagina VCN hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

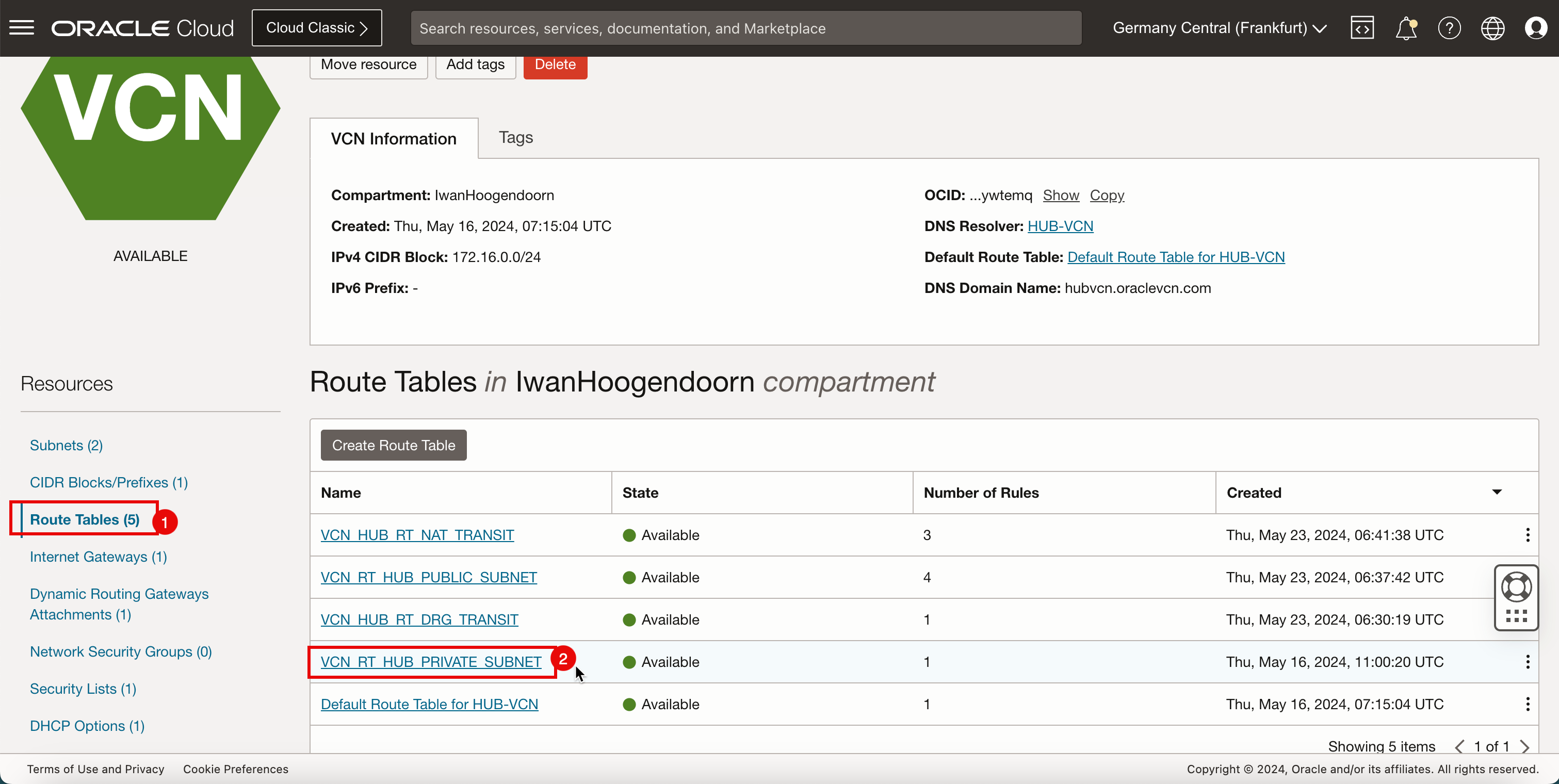

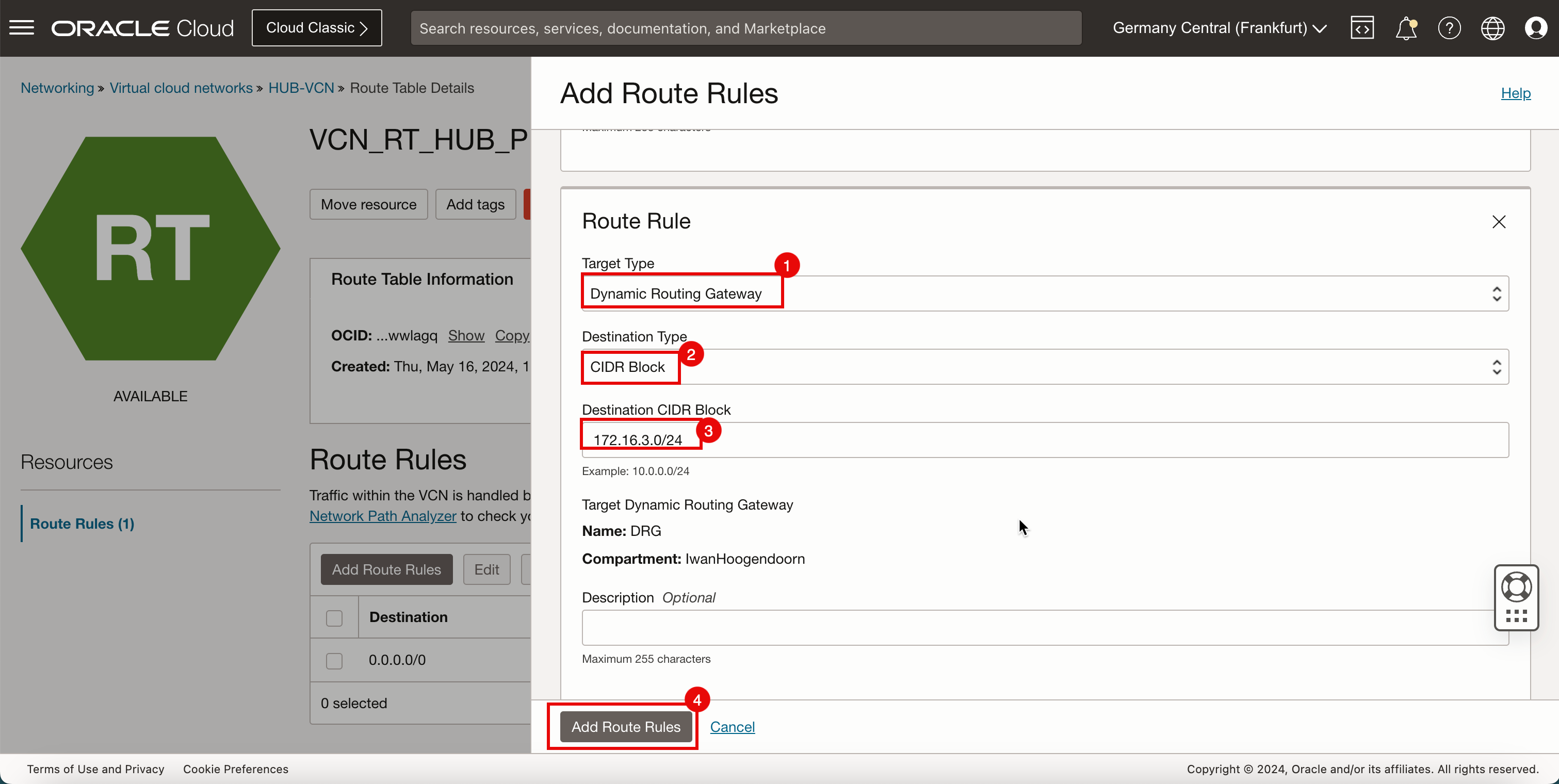

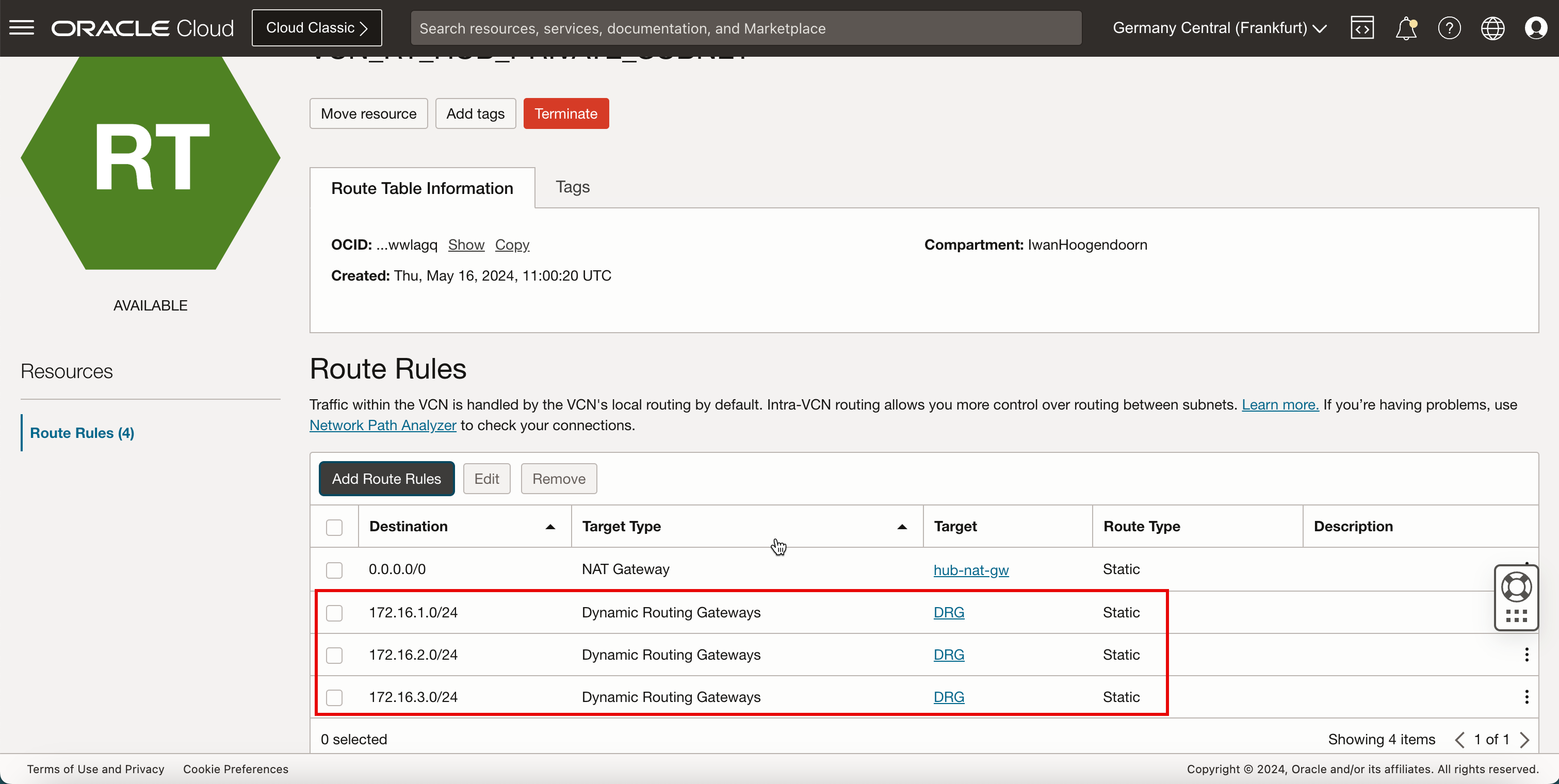

Creare una tabella di instradamento (

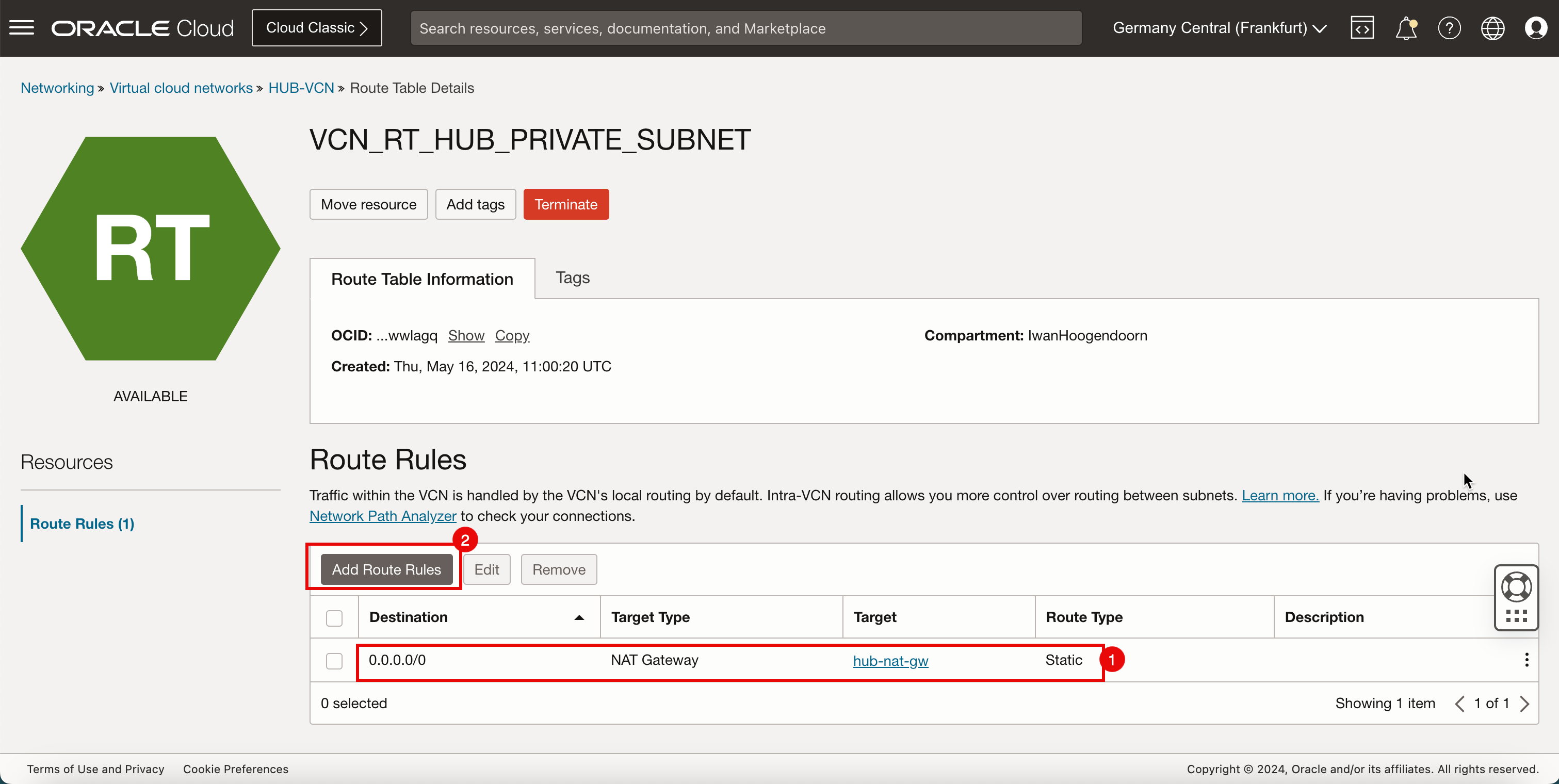

VCN_RT_HUB_PRIVATE_SUBNET) nella VCN dell'hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway NAT hub-nat-gw Statica 172.16.1.0/24 Gateway di instradamento dinamico DRG Statica 172.16.2.0/24 Gateway di instradamento dinamico DRG Statica 172.16.3.0/24 Gateway di instradamento dinamico DRG Statica - Fare clic su Tabelle di instradamento.

- Fare clic sulla tabella di routing per la subnet privata. Se non si dispone di questa tabella, crearla. Per creare la tabella di instradamento, fare clic su Crea tabella di instradamento.

- Tenere presente che è già presente una regola di instradamento che instraderà tutto il traffico (

0.0.0.0/0) al gateway NAT per le istanze della subnet privata. - Fare clic su Aggiungi regole di instradamento.

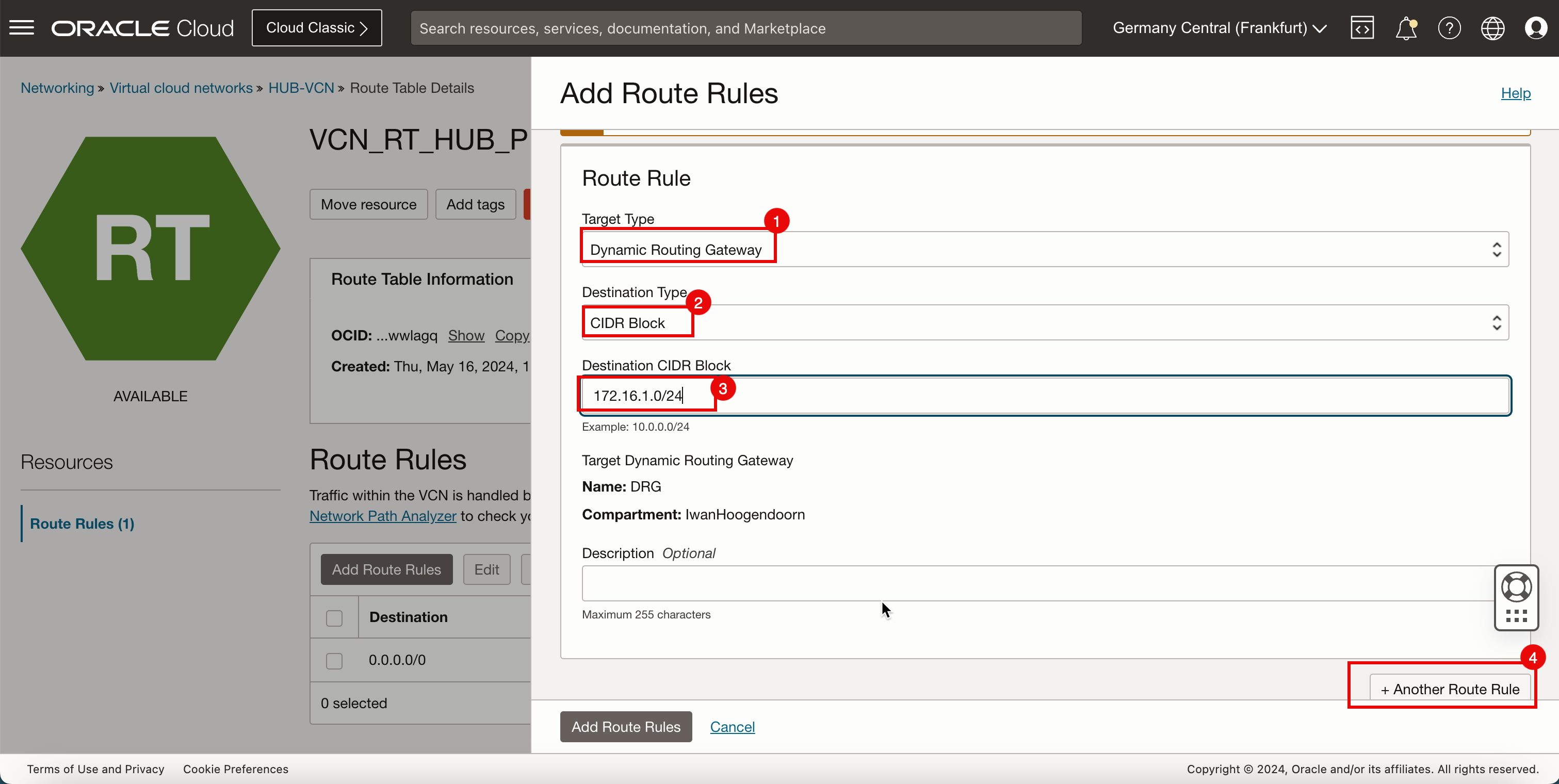

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.1.0/24. - Fare clic su + Altra regola di instradamento.

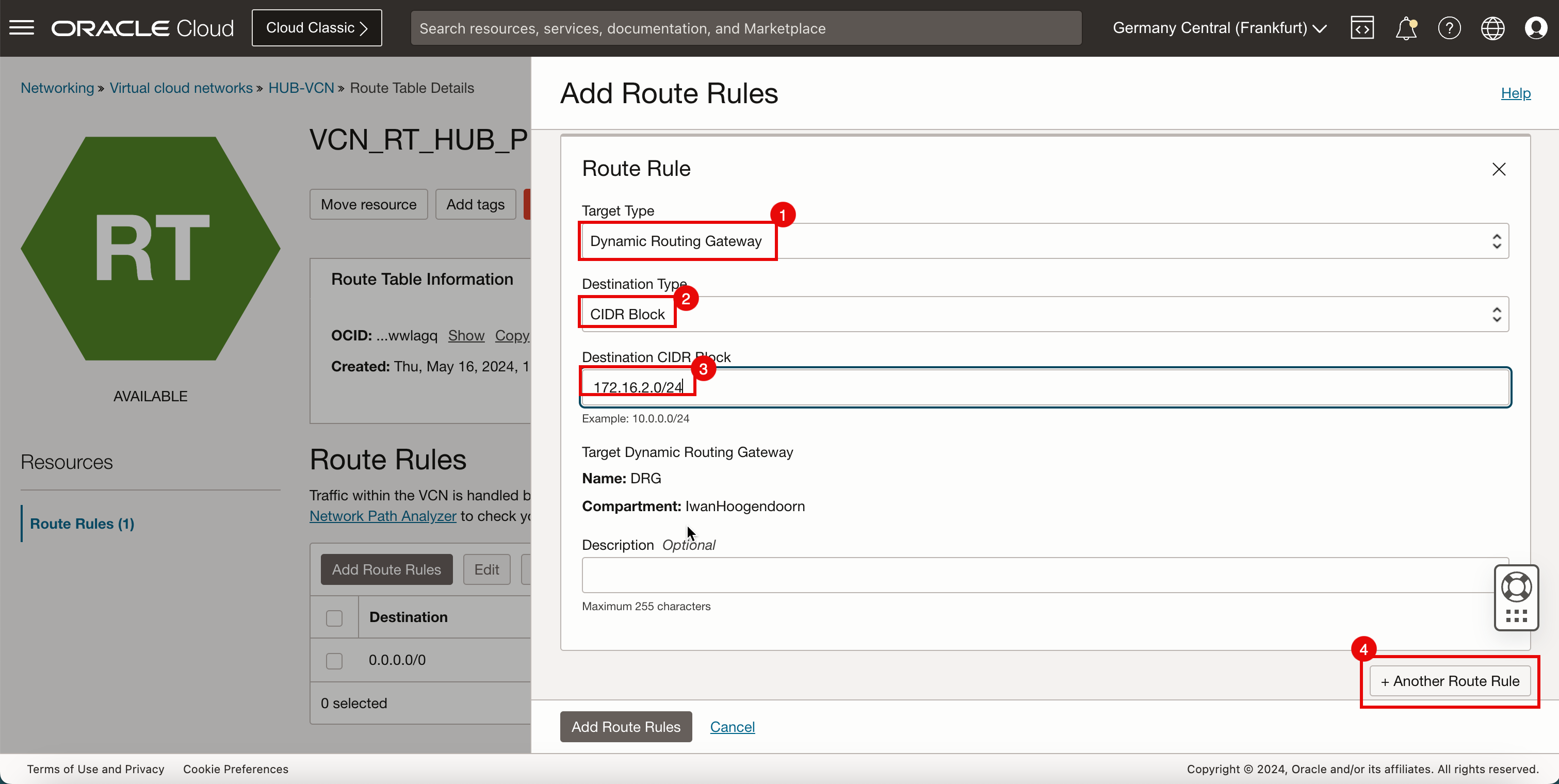

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.2.0/24. - Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.3.0/24. - Fare clic su Aggiungi regole di instradamento.

-

Prendere nota di tutte le regole di instradamento per la tabella di instradamento della subnet privata.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 7.4: Creare e configurare le tabelle di instradamento DRG

-

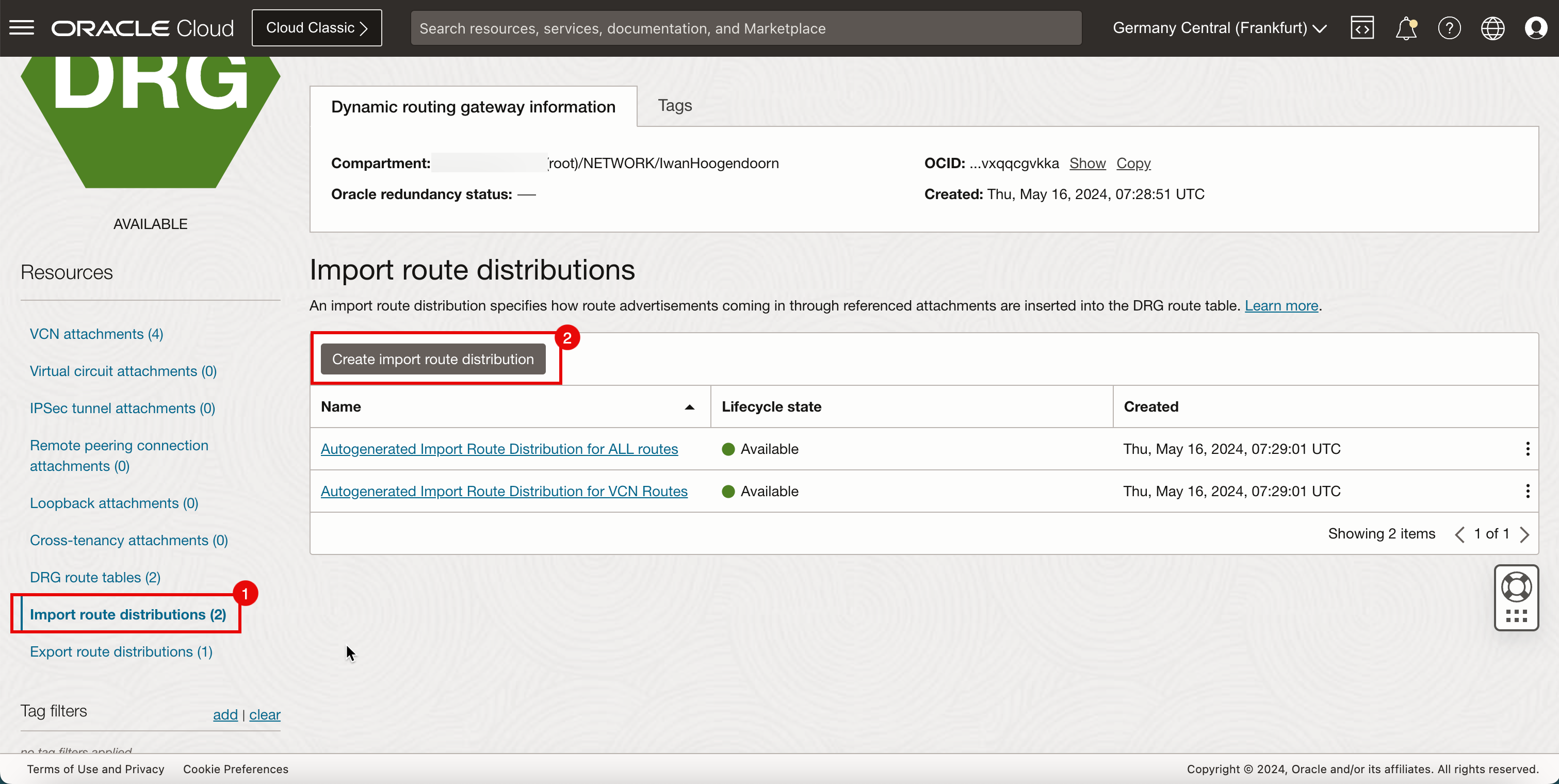

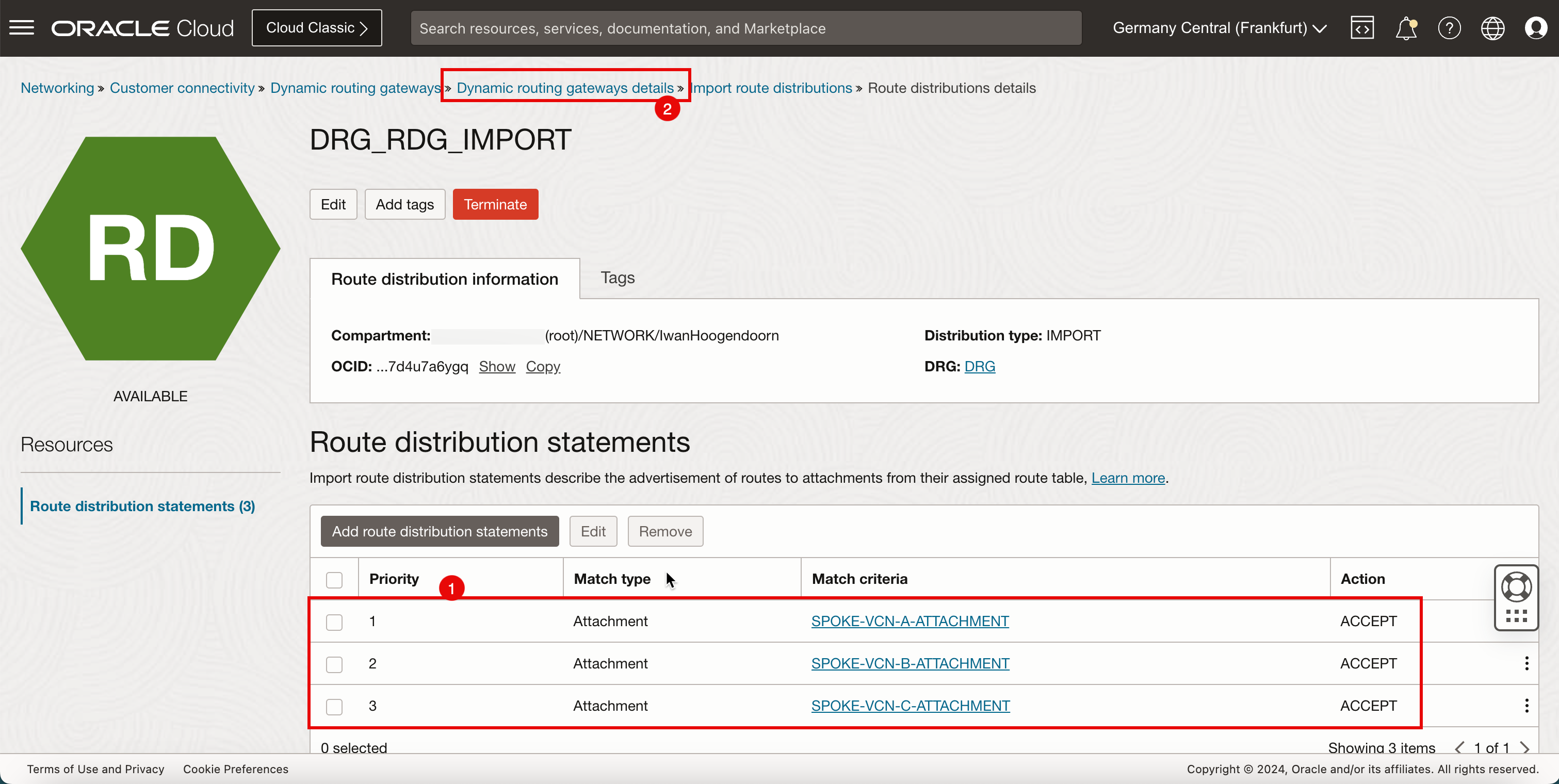

Creare un gruppo di distribuzione instradamenti (

DRG_RDG_IMPORT) nel DRG.Priorità Tipo di corrispondenza Criteri di corrispondenza Azione 1 Allegato SPOKE_VCN: ALLEGATO A ACCEPT 2 Allegato SPOKE_VCN: ALLEGATO B ACCEPT 3 Allegato SPOKE_VCN-ALLEGATO C ACCEPT - Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Gateway di instradamento dinamico.

-

Fare clic sul DRG creato nel task 3.

- Fare clic su Importa distribuzione instradamento.

- Fare clic su Crea importazione distribuzione instradamento.

-

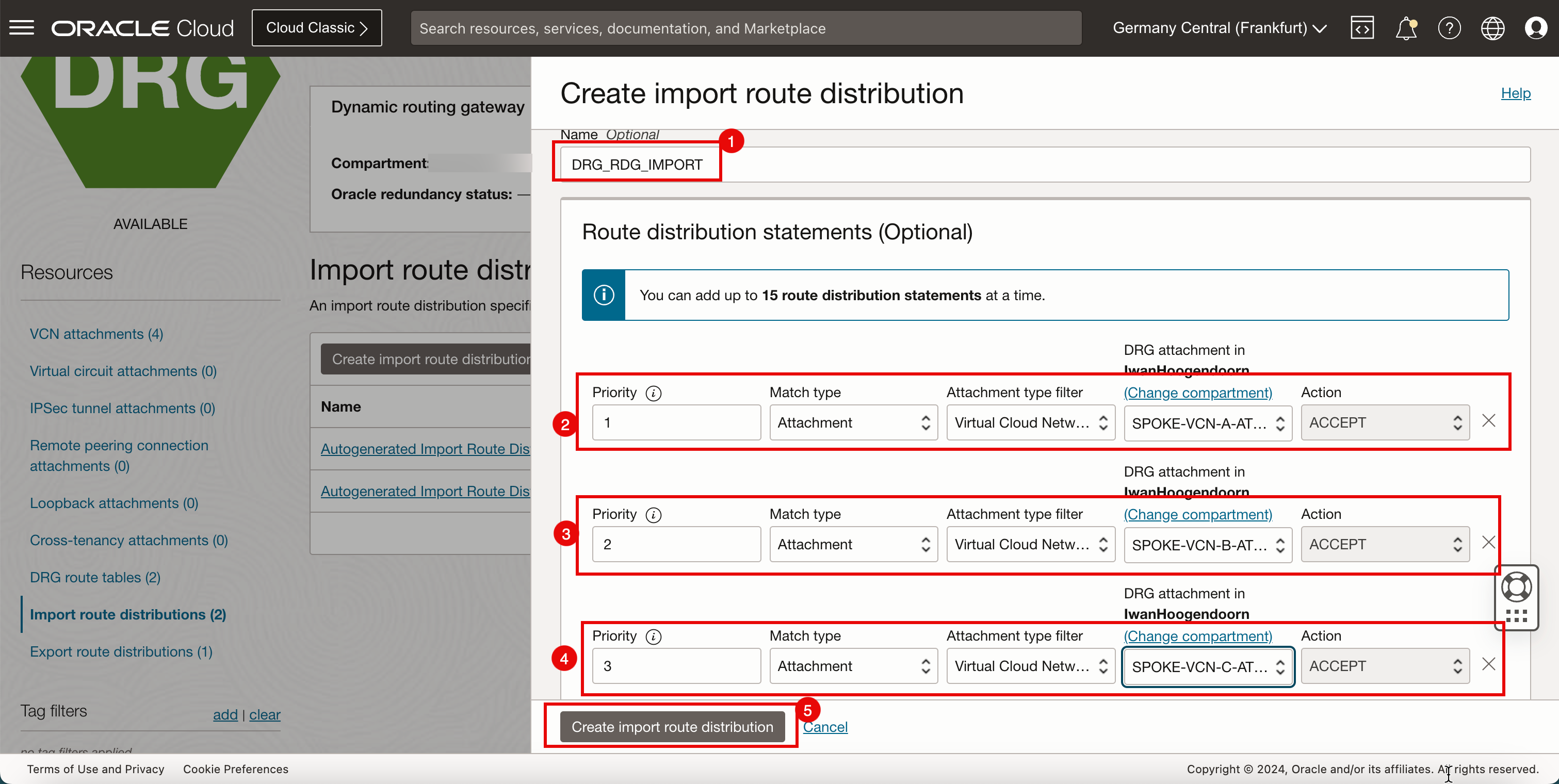

Nella pagina Crea importazione distribuzione instradamenti, immettere le informazioni riportate di seguito.

- Immettere il nome per la distribuzione dell'instradamento.

- Creare una nuova istruzione di distribuzione instradamenti.

- Priorità: immettere 1.

- Tipo di corrispondenza: selezionare Allegato.

- Filtro tipo di collegamento: selezionare Rete cloud virtuale.

- Collegamento DRG: selezionare VCN spoke A.

- Azione: selezionare Accetta.

- Crea una nuova istruzione di distribuzione instradamenti

- Priorità: immettere 2.

- Tipo di corrispondenza: selezionare Allegato.

- Filtro tipo di collegamento: selezionare Rete cloud virtuale.

- Collegamento DRG: selezionare VCN spoke B.

- Azione: selezionare Accetta.

- Crea una nuova istruzione di distribuzione instradamenti

- Priorità: immettere 3.

- Tipo di corrispondenza: selezionare Allegato.

- Filtro tipo di collegamento: selezionare Rete cloud virtuale.

- Collegamento DRG: selezionare VCN spoke C.

- Azione: selezionare Accetta.

- Fare clic su Crea importazione distribuzione instradamento.

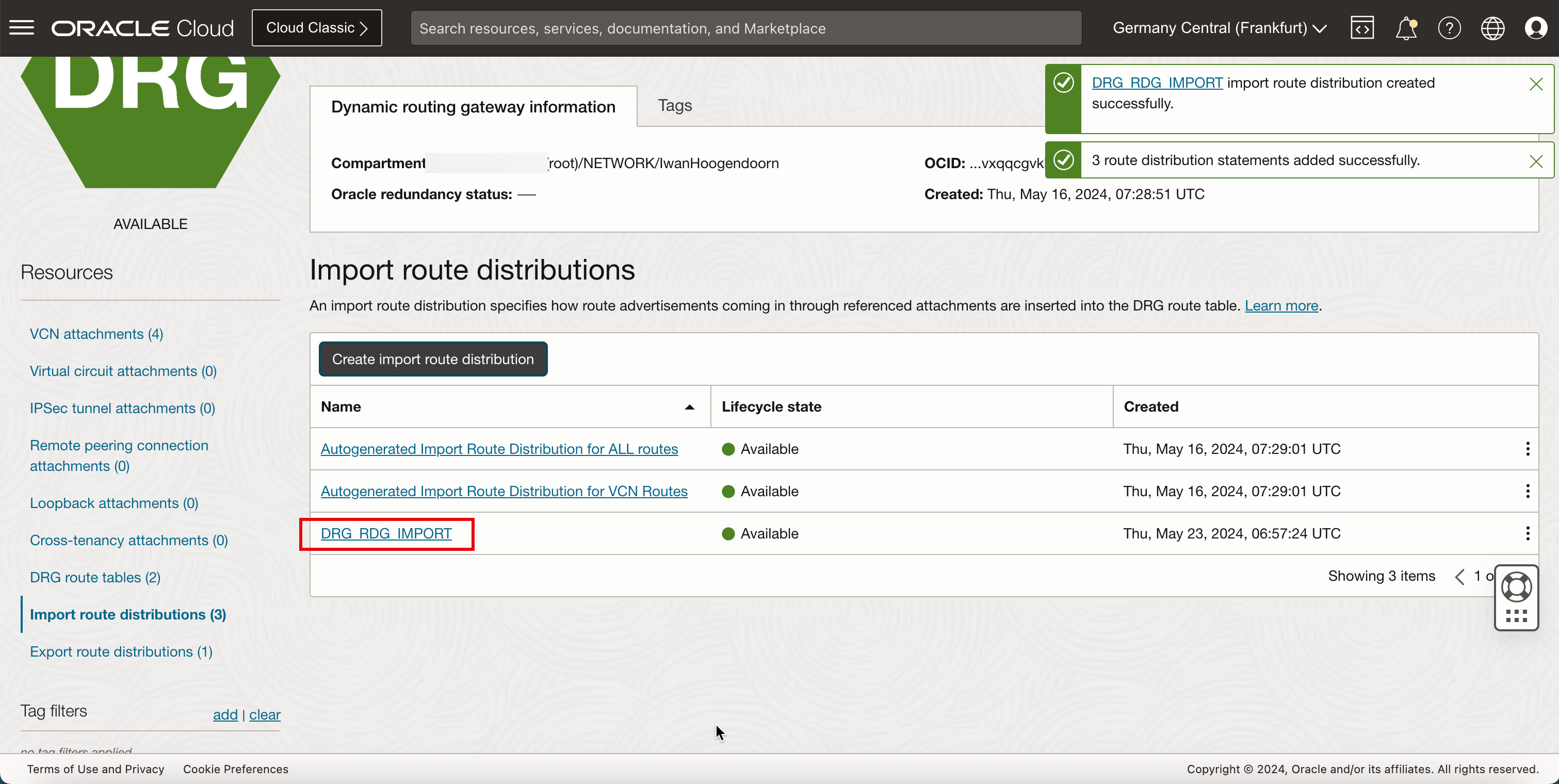

-

Fare clic sulla nuova distribuzione del percorso di importazione.

- Prendere nota delle istruzioni di distribuzione instradamento.

- Fare clic su Dettagli gateway di instradamento dinamico per tornare alla pagina dei dettagli del DRG.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

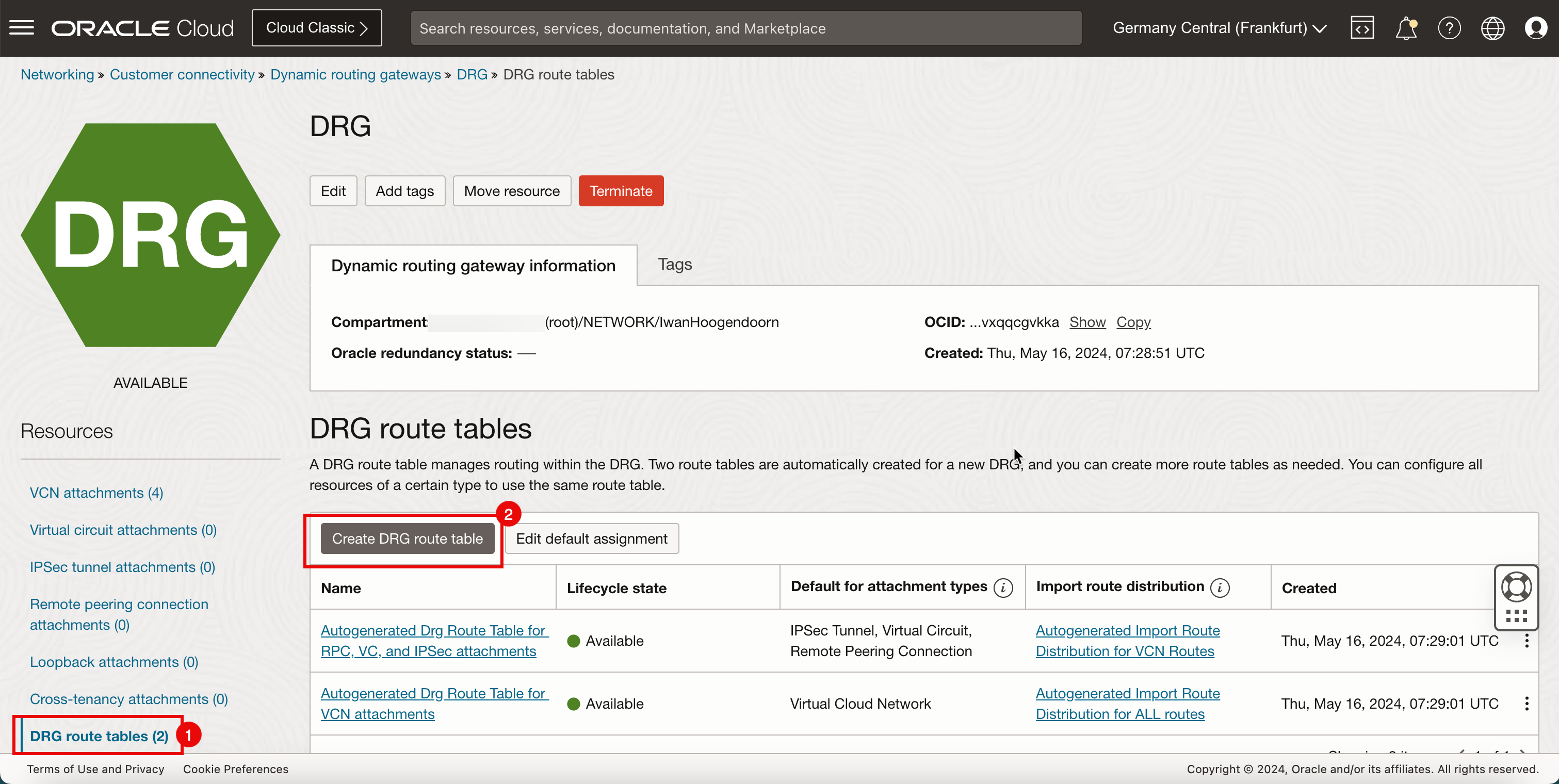

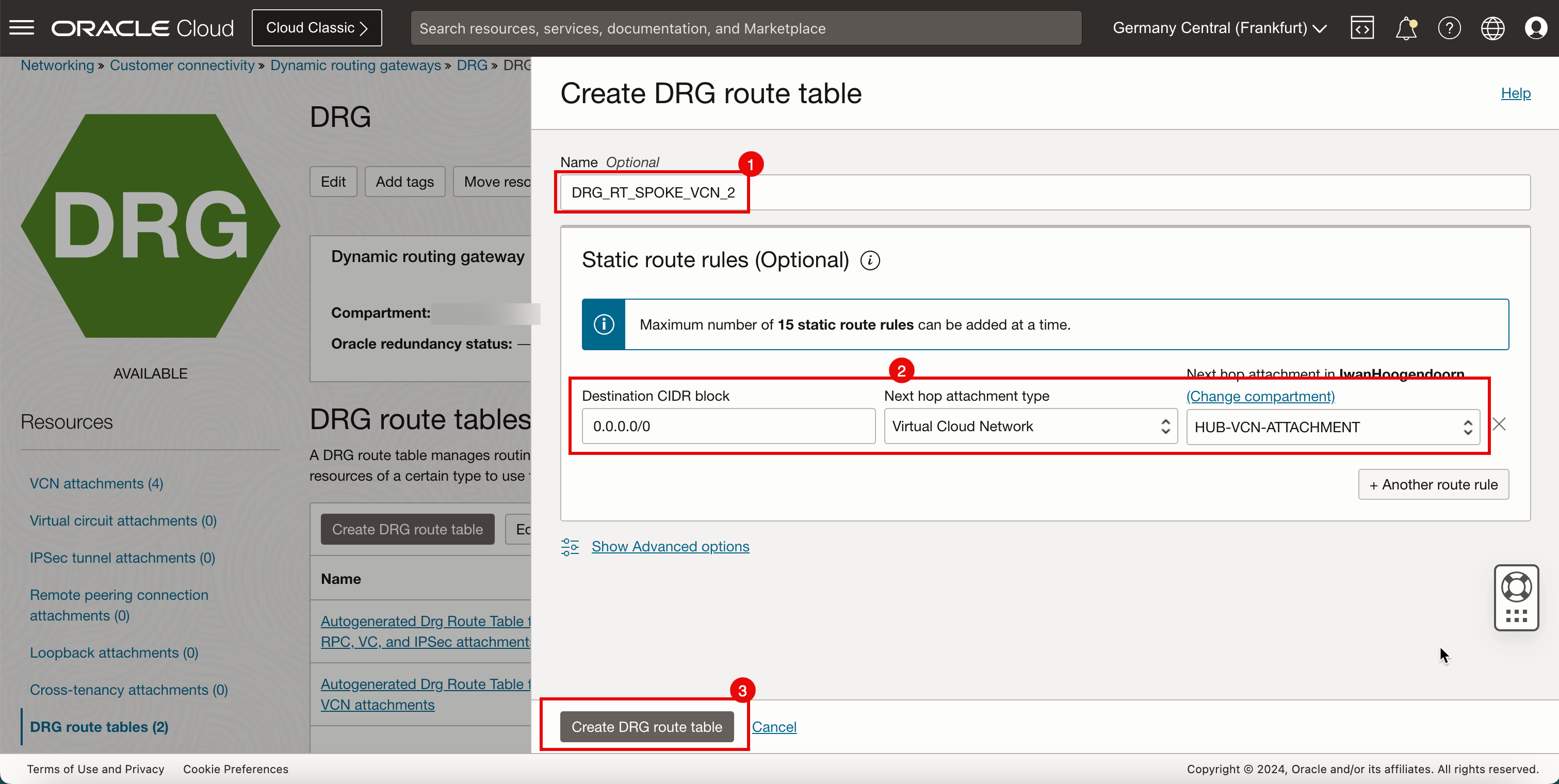

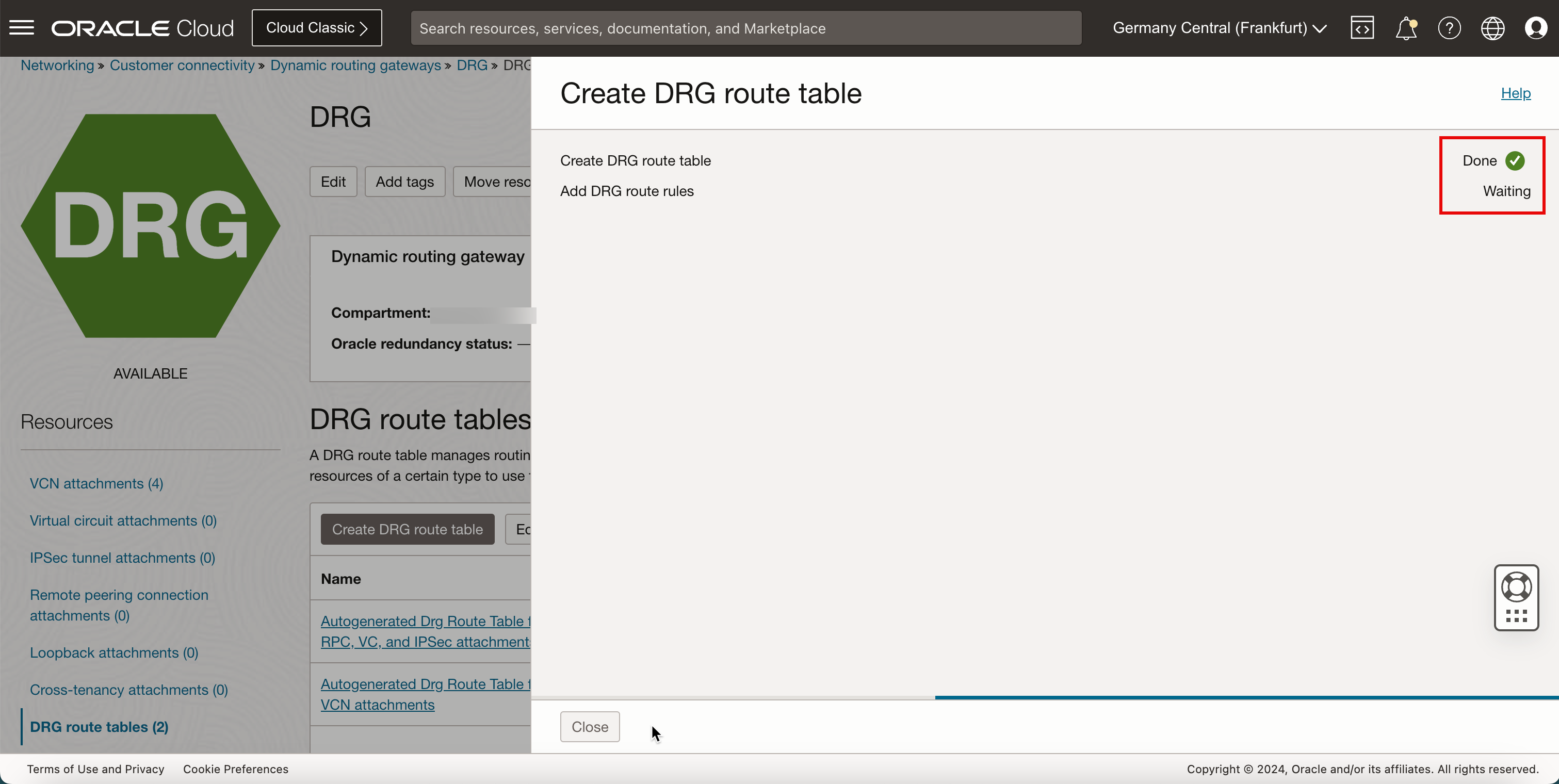

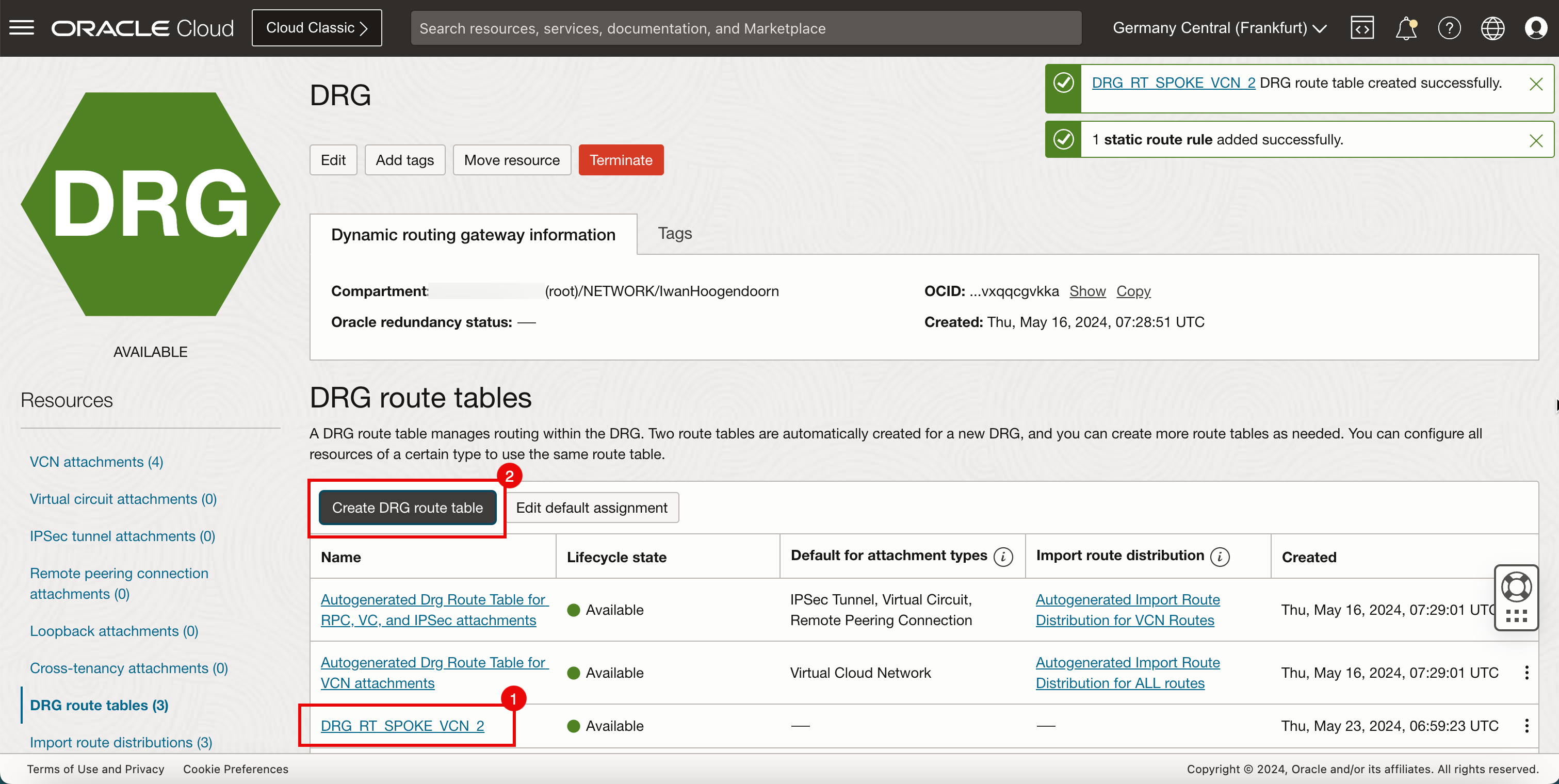

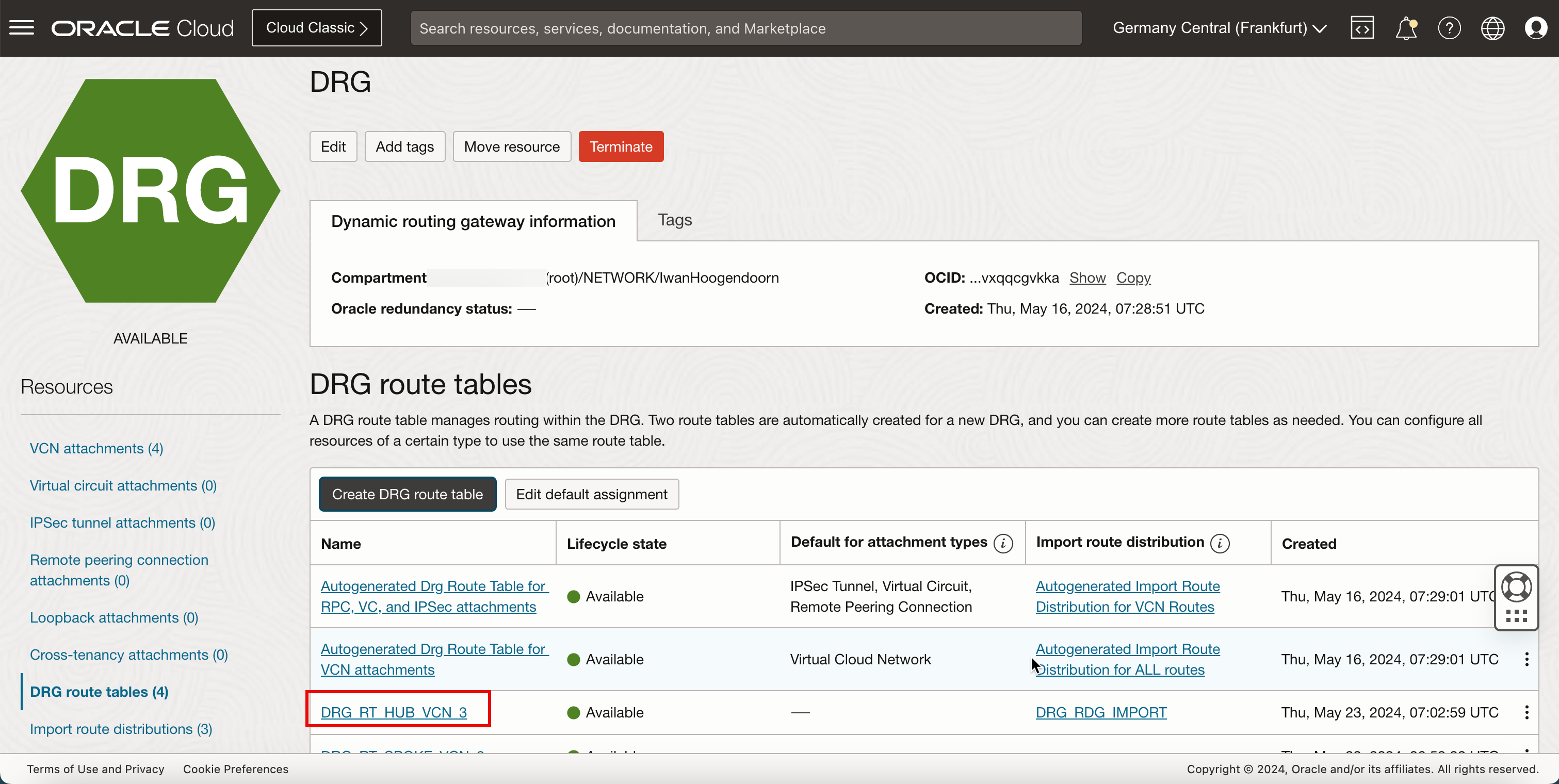

Creare una tabella di instradamento (

DRG_RT_SPOKE_VCN_2) nel DRG.CIDR di destinazione Tipo di collegamento hop successivo Nome collegamento hop successivo 0.0.0.0/0 Rete cloud virtuale HUB_VCN_ATTACHMENT - Fare clic su Tabella di instradamento DRG.

- Fare clic su Crea tabella di instradamento DRG.

- Immettere il nome per la tabella di instradamento DRG.

- Aggiungere una nuova regola statica:

- Blocco CIDR di destinazione: immettere

0.0.0.0/0. - Tipo di collegamento hop successivo: selezionare Rete cloud virtuale

- Collegamento dell'hop successivo: selezionare VCN hub.

- Blocco CIDR di destinazione: immettere

- Fare clic su Crea tabella di instradamento DRG.

-

Attendere la creazione della tabella di instradamento.

- Tenere presente che viene creata la nuova tabella di instradamento DRG.

- Fare clic su Crea tabella di instradamento DRG per creare un'altra tabella di instradamento DRG.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

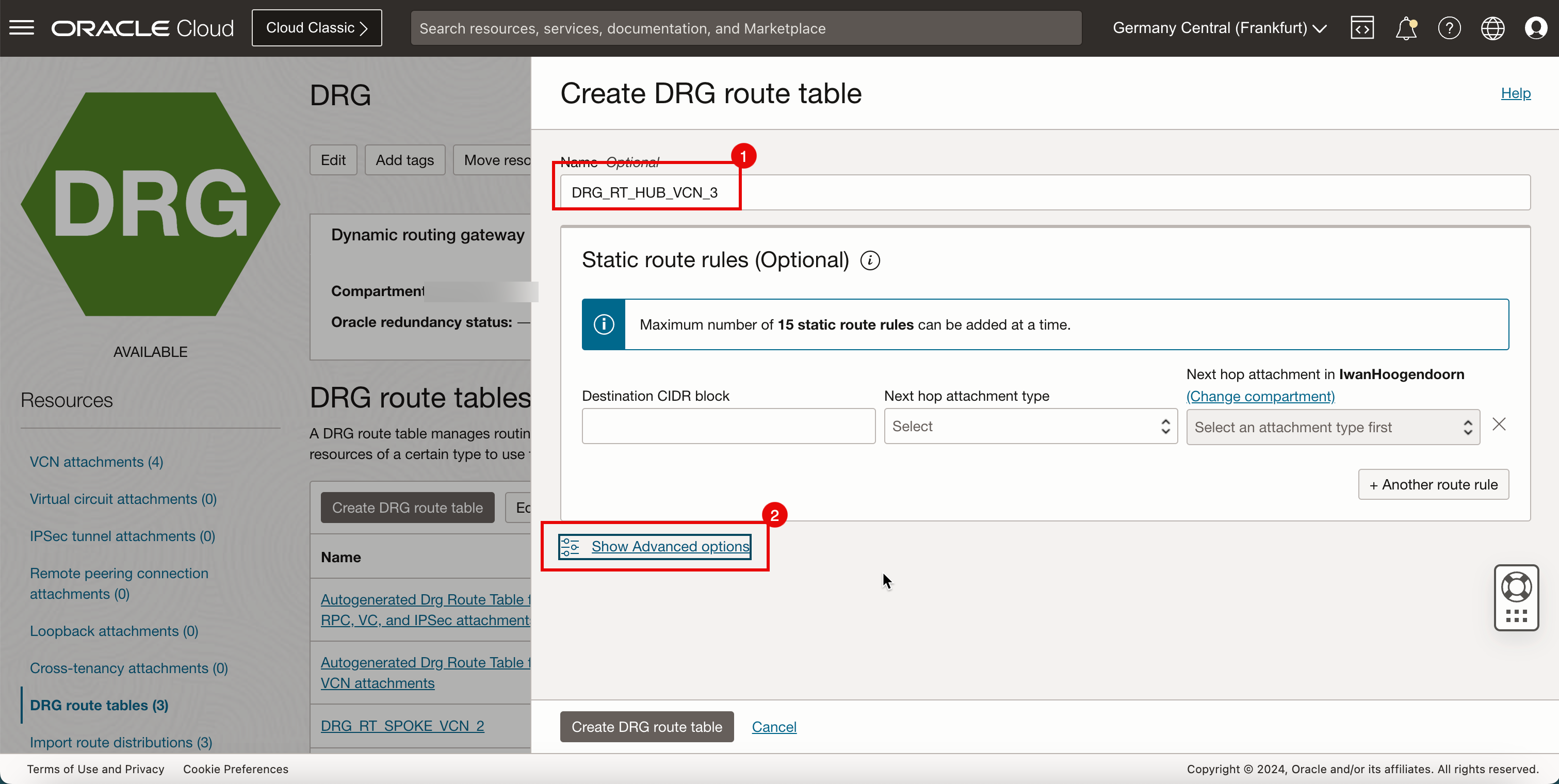

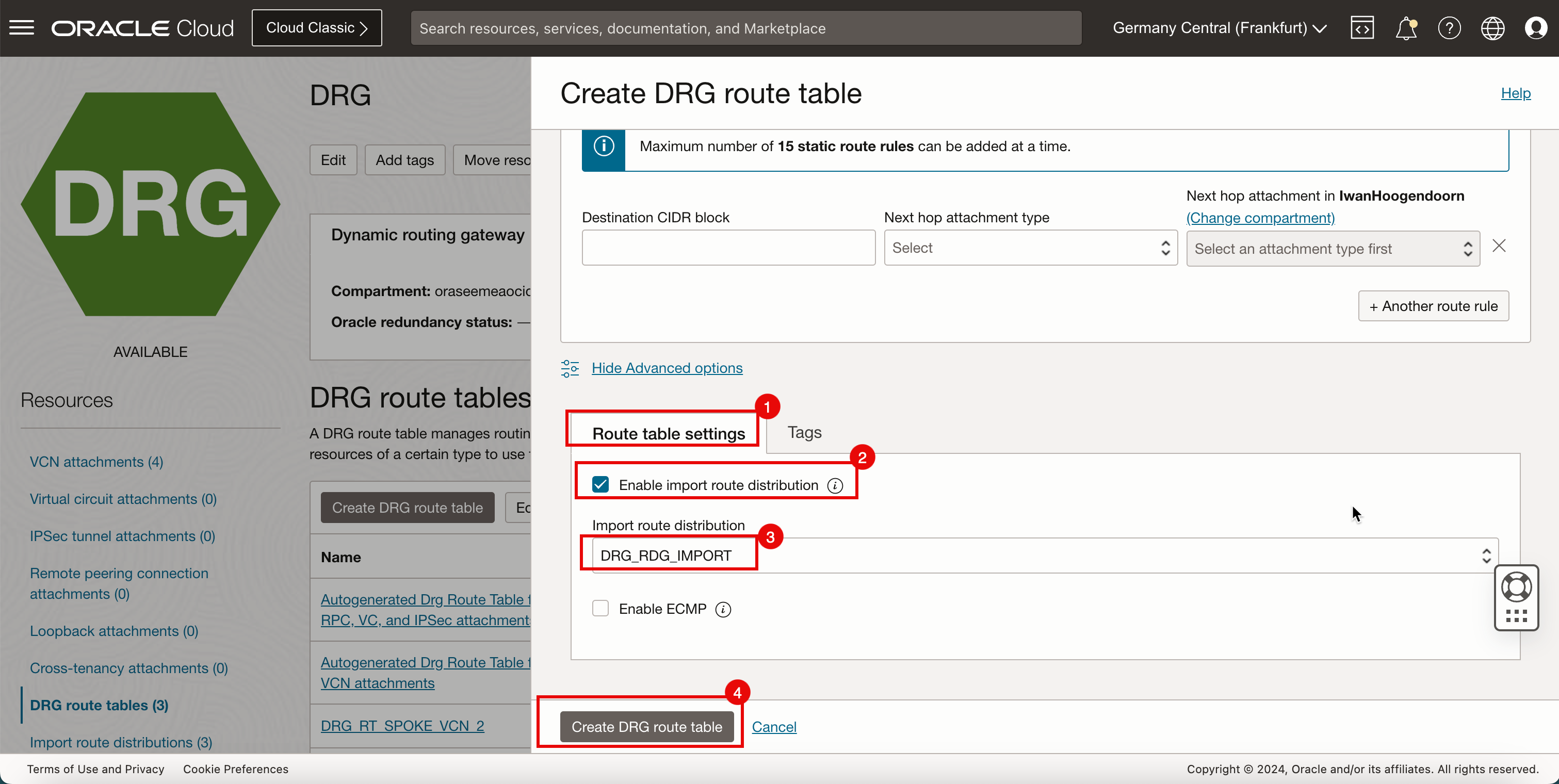

Creare una tabella di instradamento (

DRG_RT_HUB_VCN_3) nel DRG e importare il gruppo di distribuzione instradamenti (DRG_RDG_IMPORT).- Immettere il nome per la tabella di instradamento DRG.

- Fare clic su Show Advanced options.

-

Importare la distribuzione instradamento importazione creata in precedenza.

- Fare clic su Impostazioni tabella di instradamento.

- Selezionare Abilita importazione distribuzione instradamento.

- Selezionare l'importazione della distribuzione instradamento creata in precedenza.

- Fare clic su Crea tabella di instradamento DRG.

- Si noti che viene creata la nuova tabella di instradamento DRG.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 7.5: Allega le tabelle di instradamento

Dopo aver creato le tabelle di instradamento, è necessario collegare le tabelle di instradamento a DRG, VCN, subnet e gateway.

Nota: questo è il punto in cui viene attivato l'instradamento, quindi si tratta di un processo attento che deve essere pensato per primo e testato correttamente prima di implementare o apportare modifiche in un ambiente di produzione.

Collegare le tabelle di instradamento DRG:

Collegare prima le tabelle di instradamento DRG.

Collega tabelle di instradamento DRG ai collegamenti della VCN spoke

Informazioni di instradamento: (DRG_RT_SPOKE_VCN_2) questa tabella di instradamento DRG e il collegamento della tabella di instradamento si assicureranno che tutto il traffico proveniente dalle VCN spoke venga ora instradato alla VCN hub.

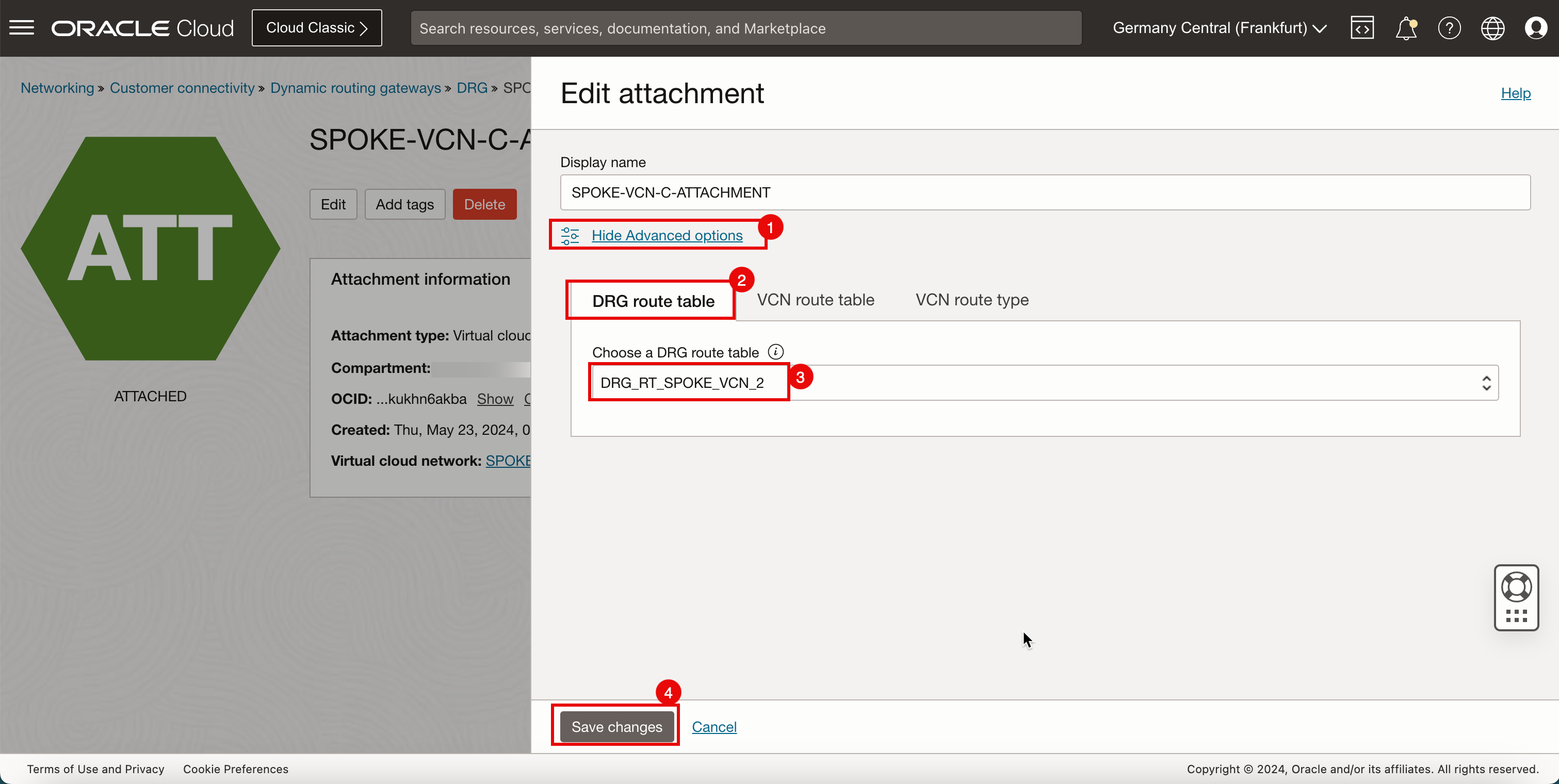

Innanzitutto, verrà collegata la tabella di instradamento DRG ()DRG_RT_SPOKE_VCN_2) a tutti i collegamenti della VCN spoke.

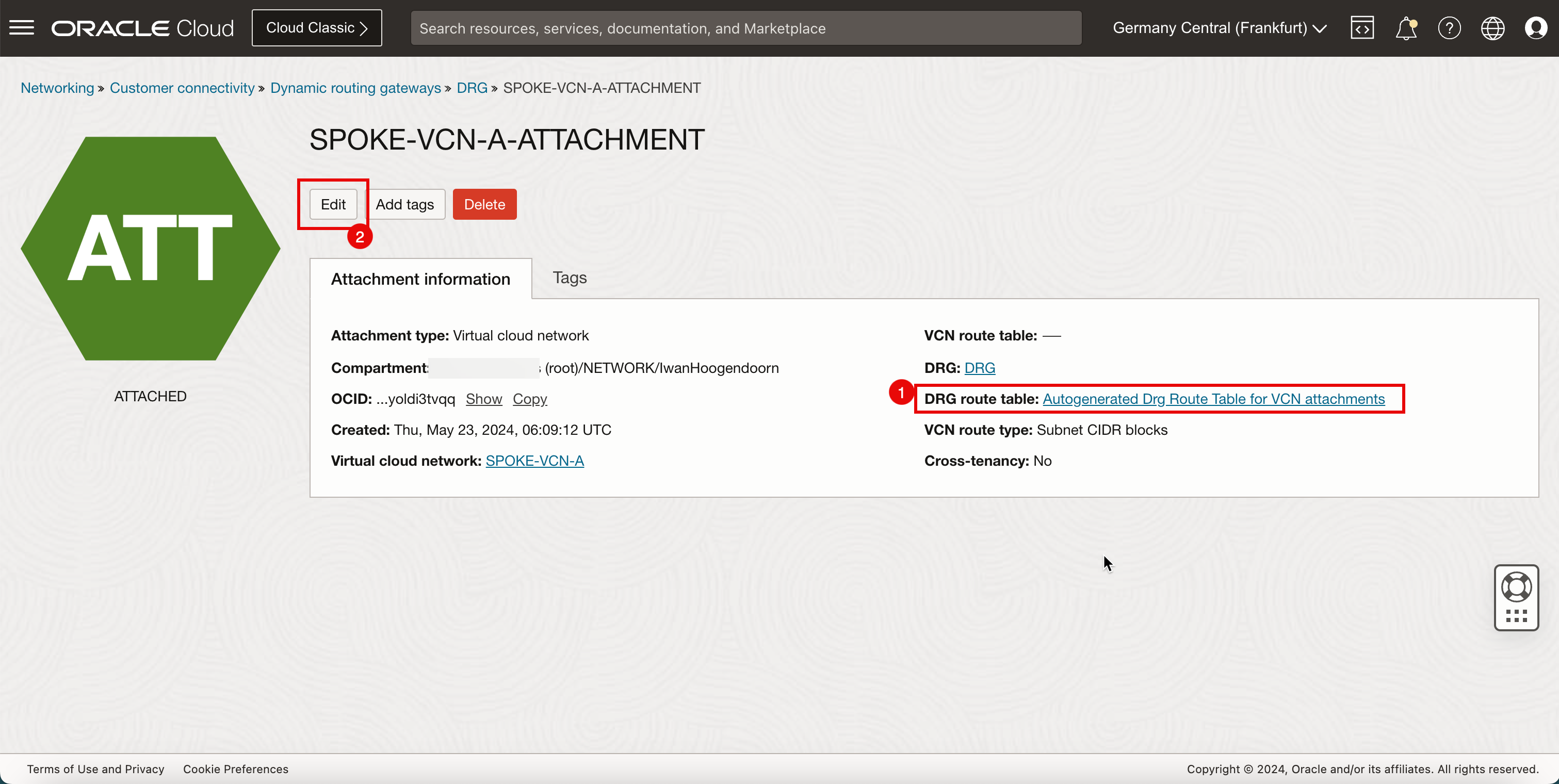

-

Andare alla pagina DRG. Fare clic su Networking, Gateway di instradamento dinamico e selezionare il DRG creato in precedenza.

- Fare clic su Collegamenti VCN.

- Fare clic sul collegamento VCN per lo spoke A.

- Tenere presente che al collegamento VCN per lo spoke A è associata la tabella DRG generata automaticamente. Dobbiamo cambiare questa situazione.

- Fare clic su Modifica.

-

Fare clic su Show Advanced options.

- Selezionare la tabella di instradamento DRG.

- Selezionare la tabella di instradamento DRG creata in precedenza:

DRG_RT_SPOKE_VCN_2. - Fare clic su Salva modifiche.

- Tenere presente che una nuova tabella di instradamento DRG è attiva nel collegamento VCN spoke A.

- Fare clic su DRG per tornare alla pagina dei dettagli del DRG.

-

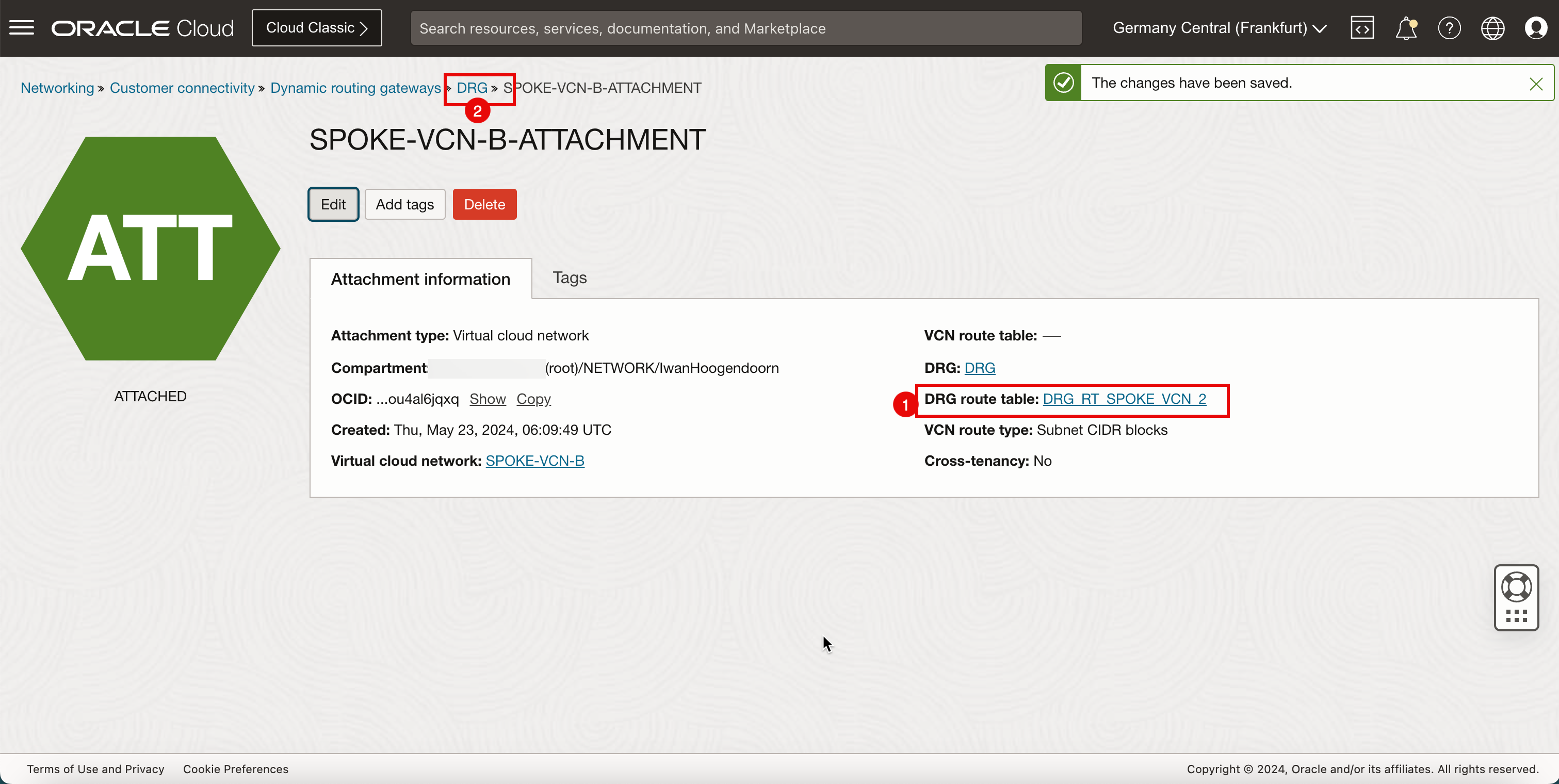

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

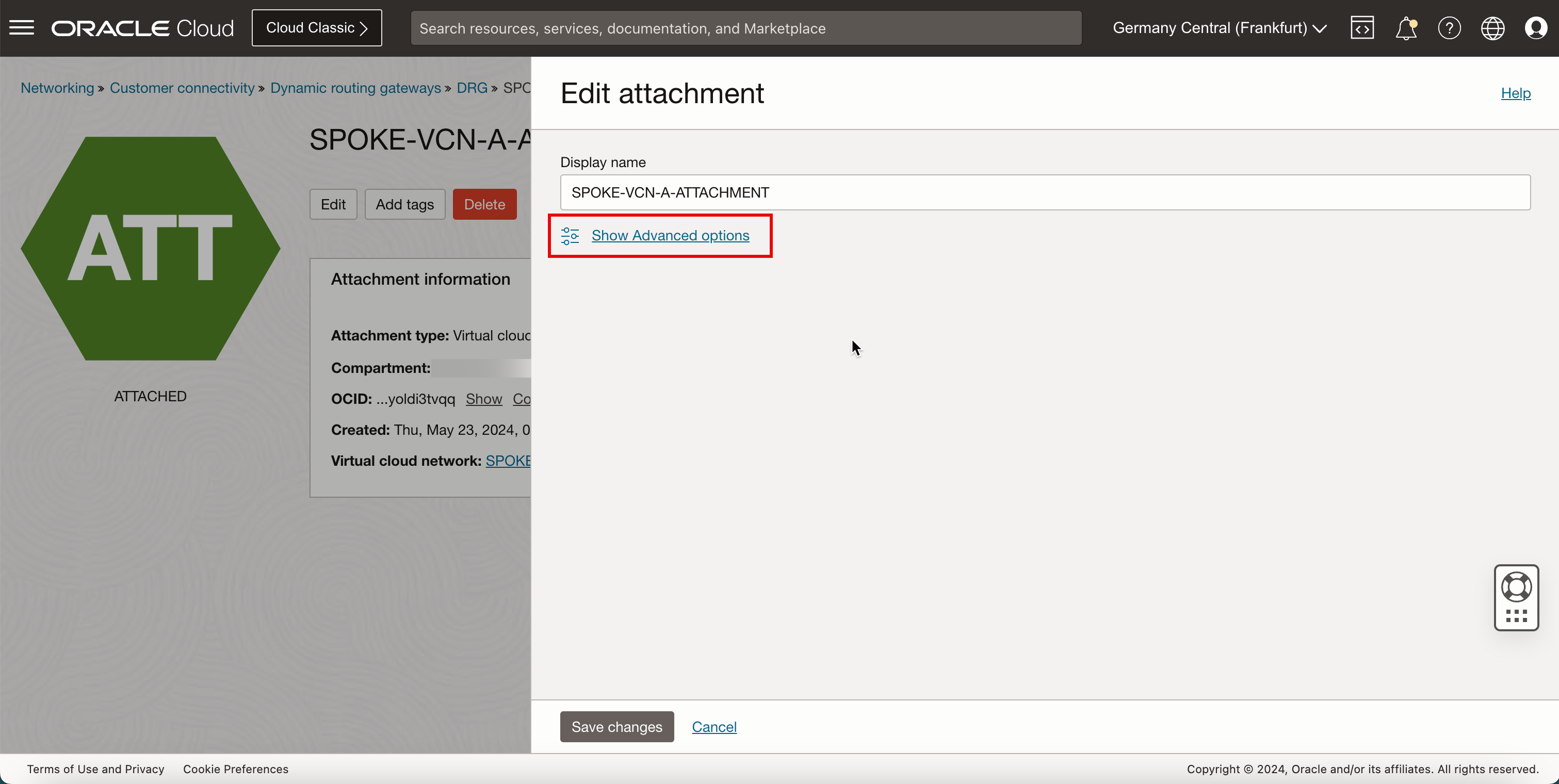

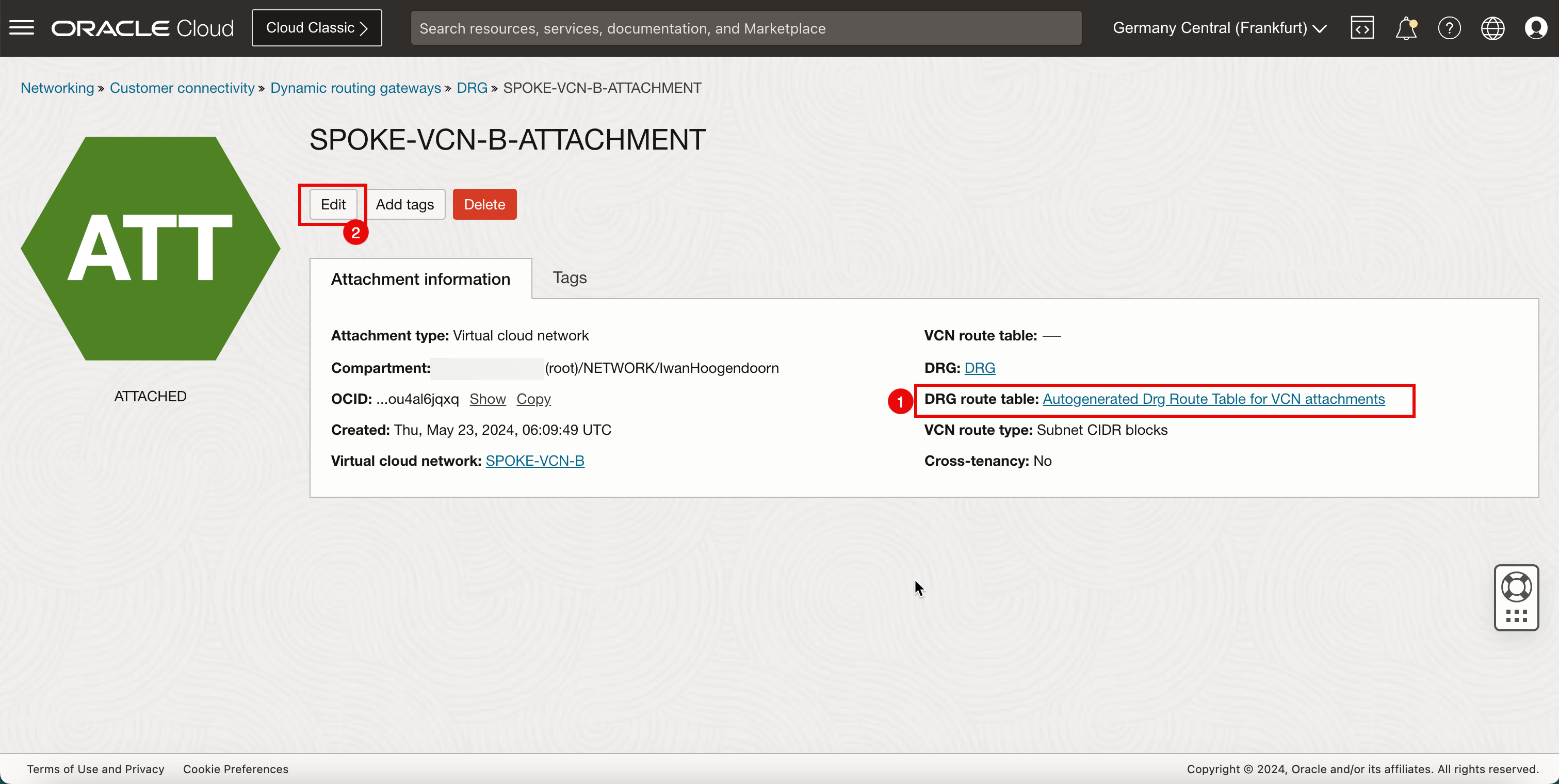

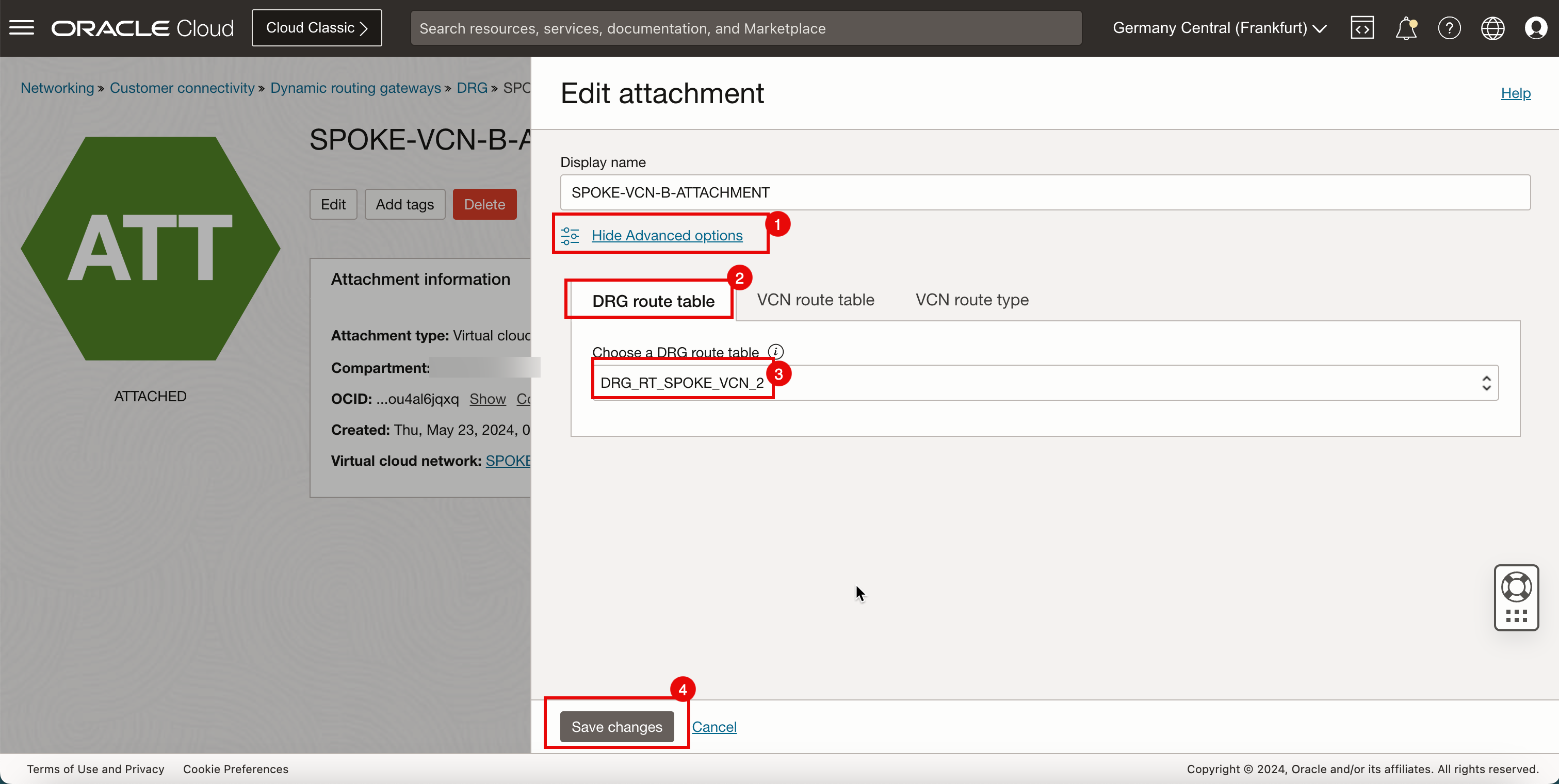

Fare clic sul collegamento VCN per spoke B.

- Tenere presente che al collegamento VCN per spoke B è associata la tabella DRG generata automaticamente. Dobbiamo cambiare questa situazione.

- Fare clic su Modifica.

- Fare clic su Show Advanced options.

- Selezionare la scheda Tabella di instradamento DRG.

- Selezionare la tabella di instradamento DRG creata in precedenza (

DRG_RT_SPOKE_VCN_2). - Fare clic su Salva modifiche.

- Tenere presente che una nuova tabella di instradamento DRG è attiva nel collegamento della VCN spoke B.

- Fare clic su DRG per tornare alla pagina dei dettagli del DRG.

-

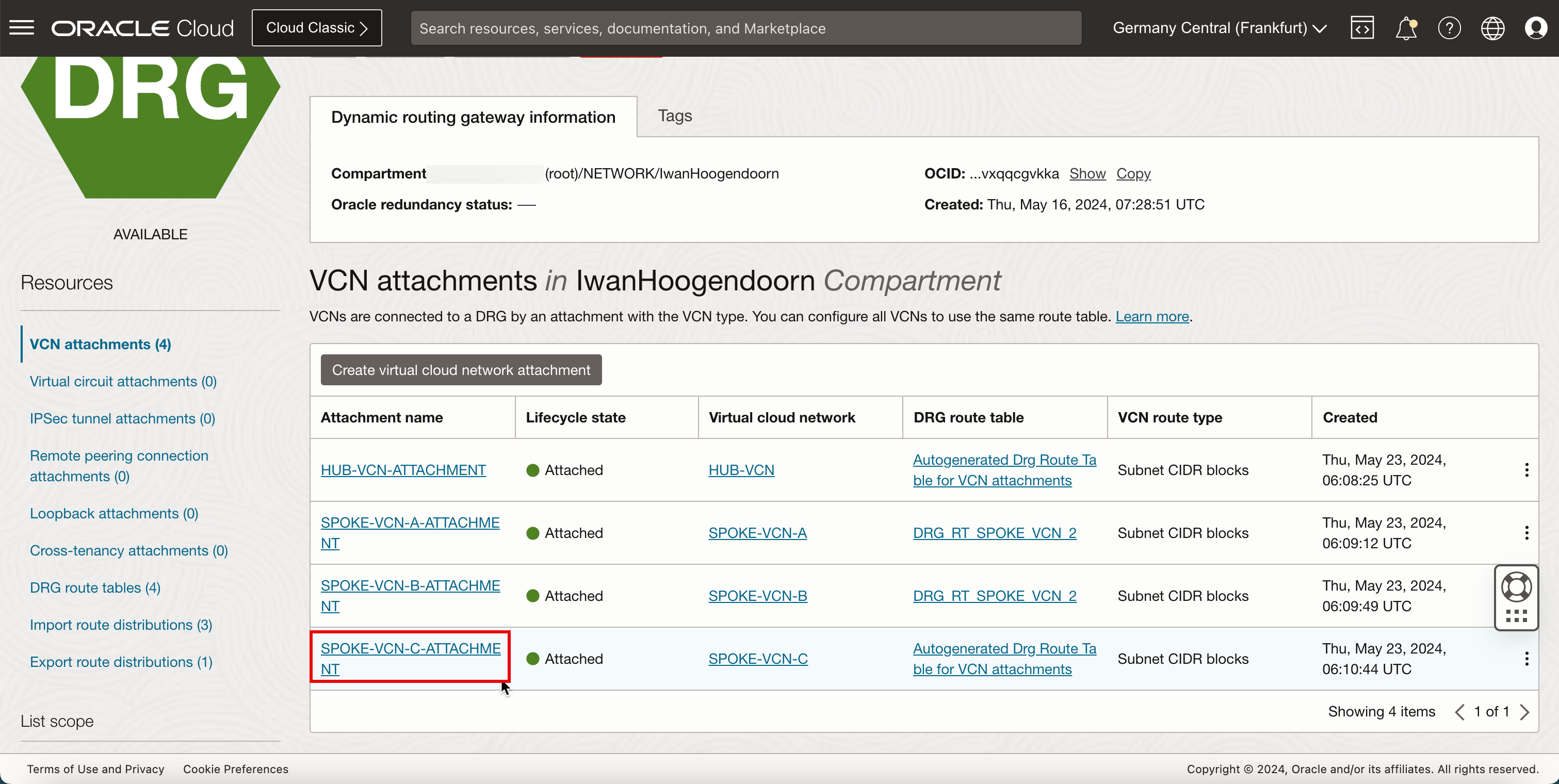

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

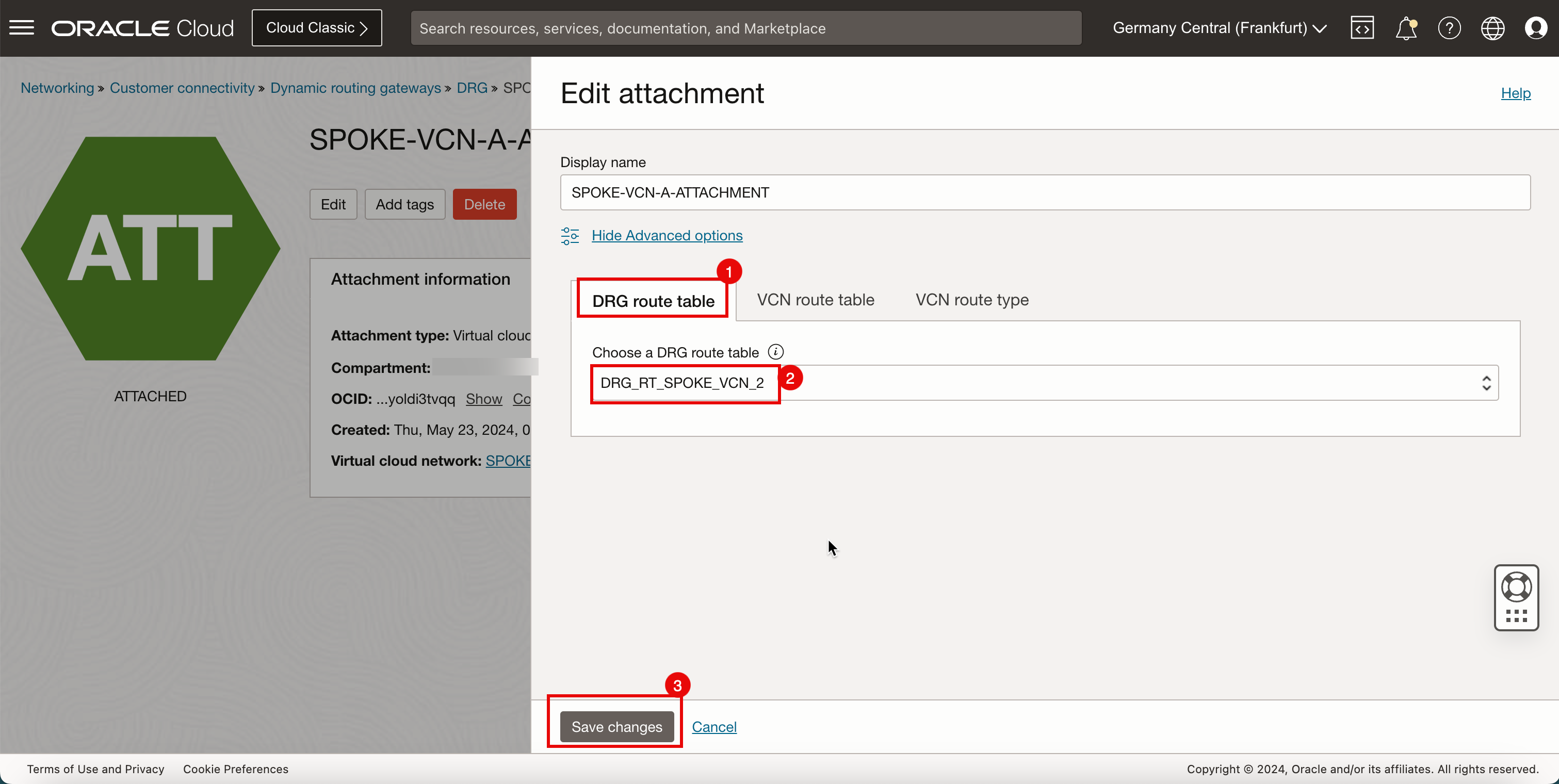

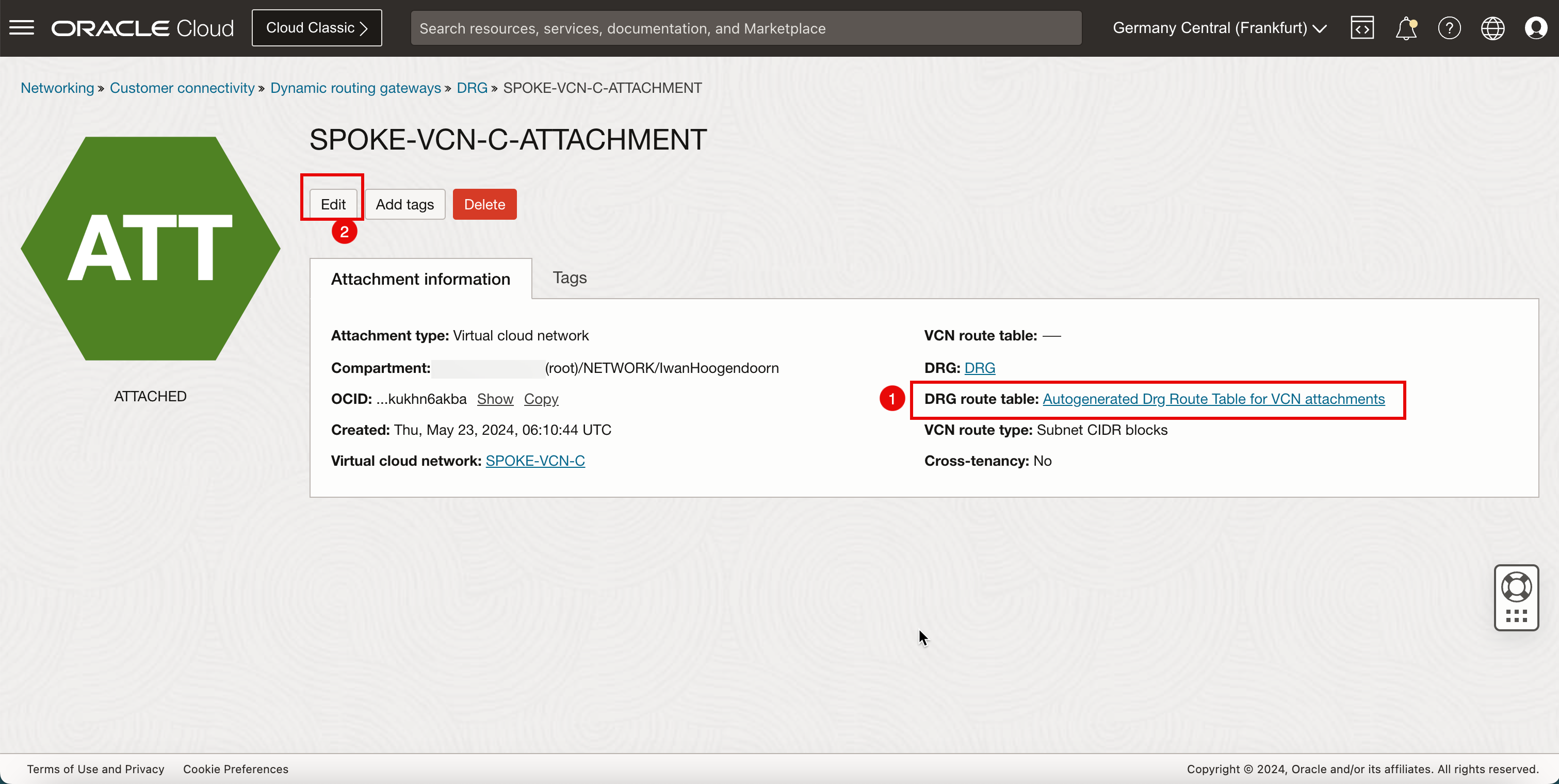

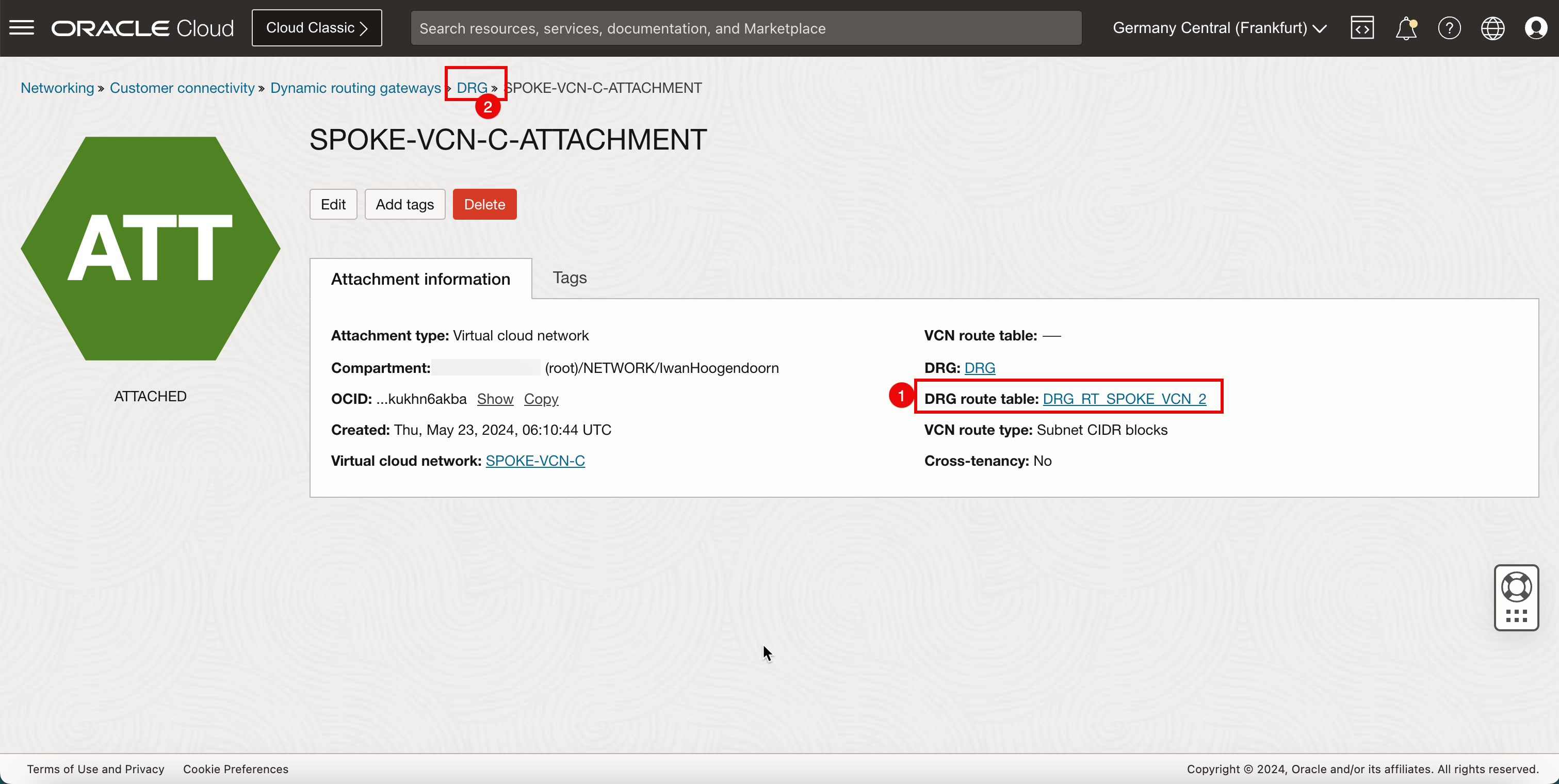

Fare clic sul collegamento VCN per spoke C.

- Tenere presente che al collegamento VCN per spoke C è associata la tabella DRG generata automaticamente. Dobbiamo cambiare questa situazione.

- Fare clic su Modifica.

- Fare clic su Show Advanced options.

- Selezionare la scheda Tabella di instradamento DRG.

- Selezionare la tabella di instradamento DRG creata in precedenza (

DRG_RT_SPOKE_VCN_2). - Fare clic su Salva modifiche.

- Tenere presente che una nuova tabella di instradamento DRG è attiva nel collegamento C della VCN spoke.

- Fare clic su DRG per tornare alla pagina dei dettagli del DRG.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

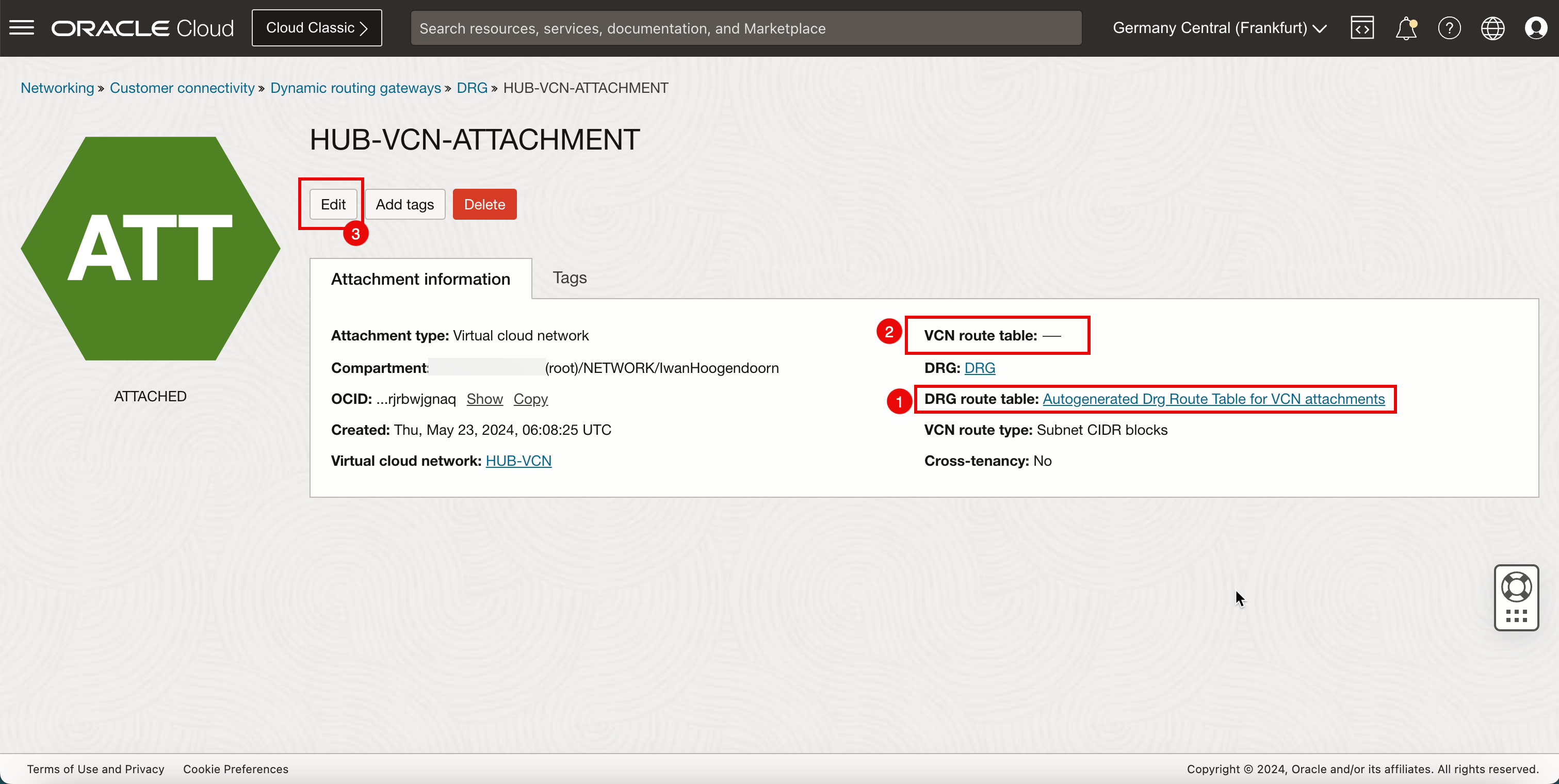

Collega tabelle di instradamento DRG al collegamento della VCN dell'hub

La tabella di instradamento DRG ()DRG_RT_HUB_VCN_3) verrà collegata al collegamento della VCN hub. Inoltre, verrà collegata la tabella di instradamento della VCN (VCN_HUB_RT_DRG_TRANSIT) al collegamento della VCN hub.

Informazioni di instradamento: (DRG_RT_HUB_VCN_3) Questa tabella di instradamento DRG e il collegamento della tabella di instradamento assicureranno che tutte le reti degli spoke siano note sul DRG e apprese sul DRG in modo che il DRG sappia a quali reti sono disponibili sugli spoke e quindi sappia a dove instradare le reti spoke.

Informazioni di instradamento: (VCN_HUB_RT_DRG_TRANSIT) Questa tabella di instradamento della VCN e il collegamento della tabella di instradamento si assicureranno che tutto il traffico venga instradato al firewall nell'hub.

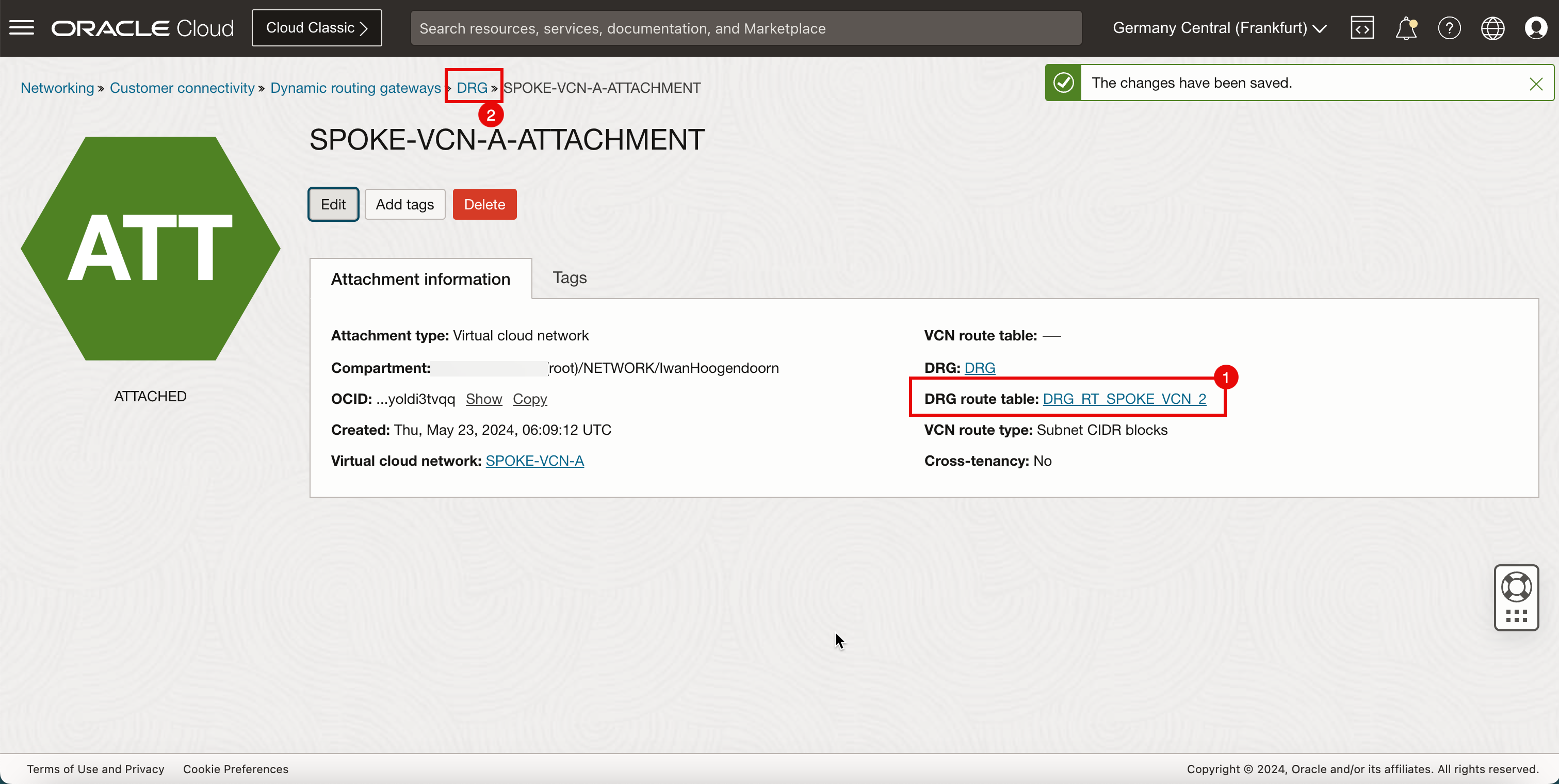

-

Andare alla pagina DRG. Fare clic su Networking, Gateway di instradamento dinamico e selezionare il DRG creato in precedenza.

- Fare clic su Collegamenti VCN.

- Fare clic sul collegamento della VCN per l'hub.

- Al collegamento della VCN per l'hub è associata la tabella DRG generata automaticamente. Dobbiamo cambiare questa situazione.

- Al collegamento della VCN per l'hub non è associata alcuna tabella VCN. Dobbiamo aggiungere questo.

- Fare clic su Modifica.

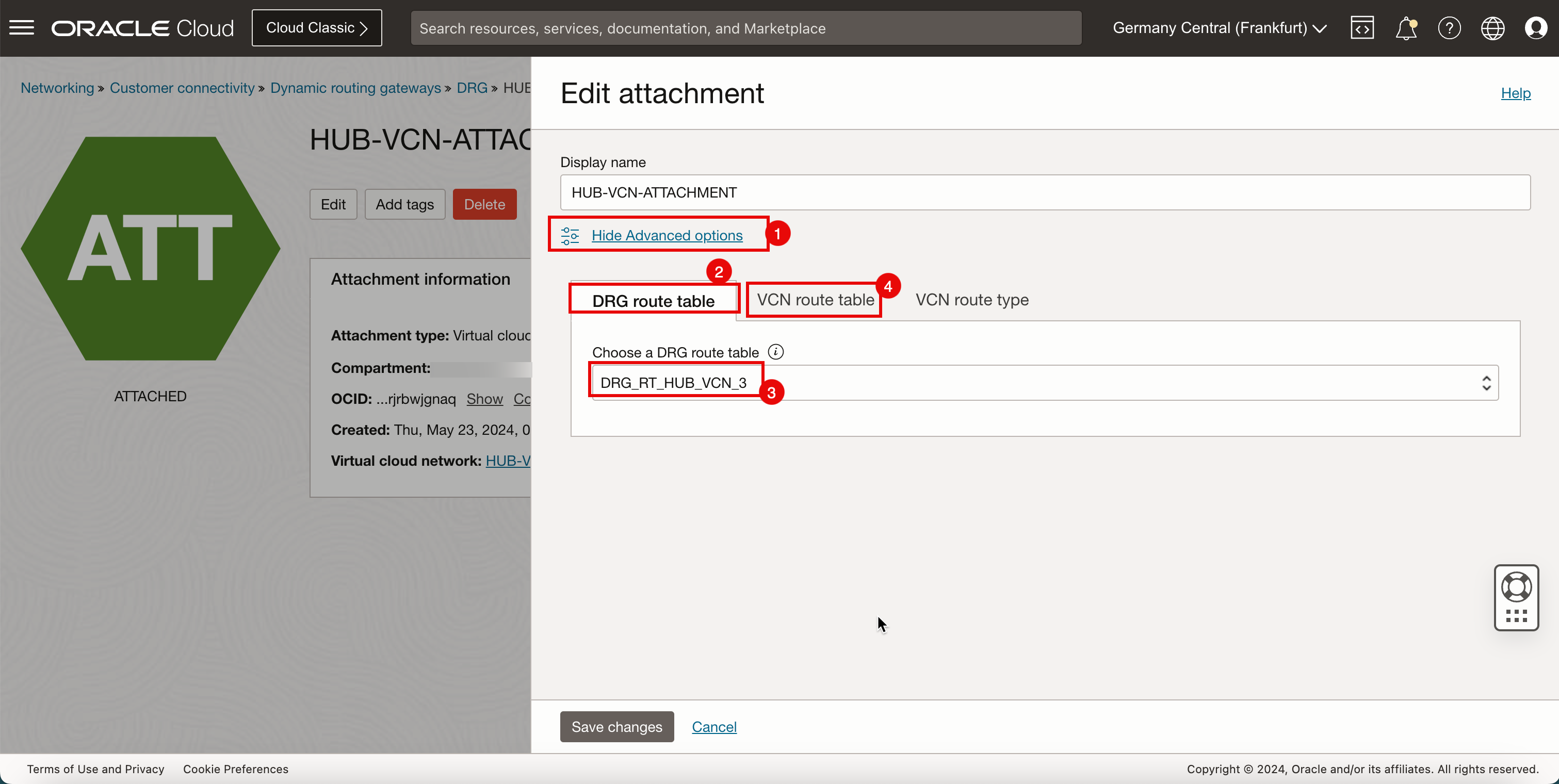

- Fare clic su Show Advanced options.

- Selezionare la scheda Tabella di instradamento DRG.

- Selezionare la tabella di instradamento DRG creata in precedenza (

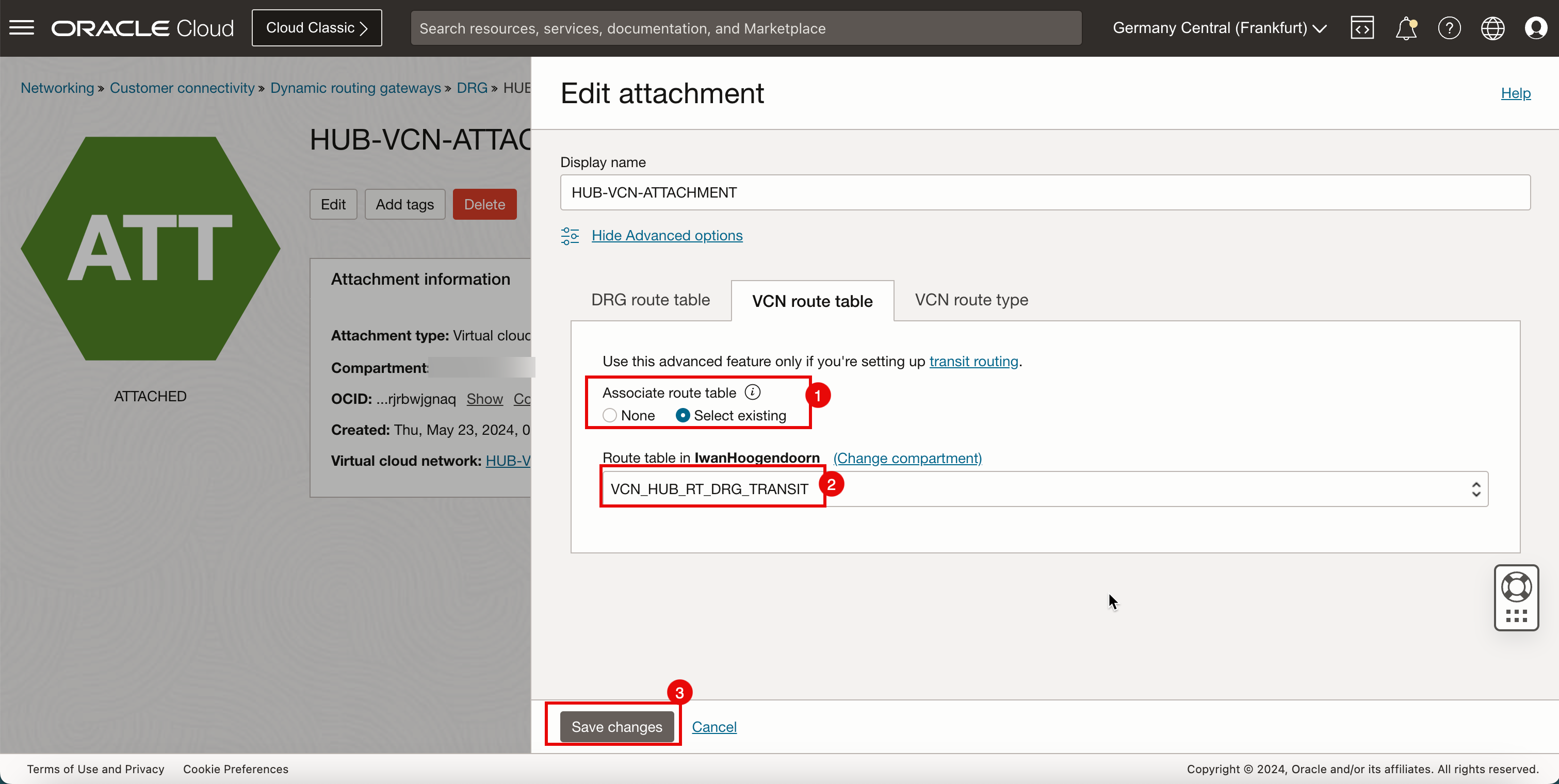

DRG_RT_HUB_VCN_3). - Fare clic sulla scheda Tabella di instradamento VCN.

- Selezionare Seleziona esistente per selezionare una tabella di instradamento VCN esistente.

- Selezionare la tabella di instradamento della VCN creata in precedenza (

VCN_HUB_RT_DRG_TRANSIT). - Fare clic su Salva modifiche.

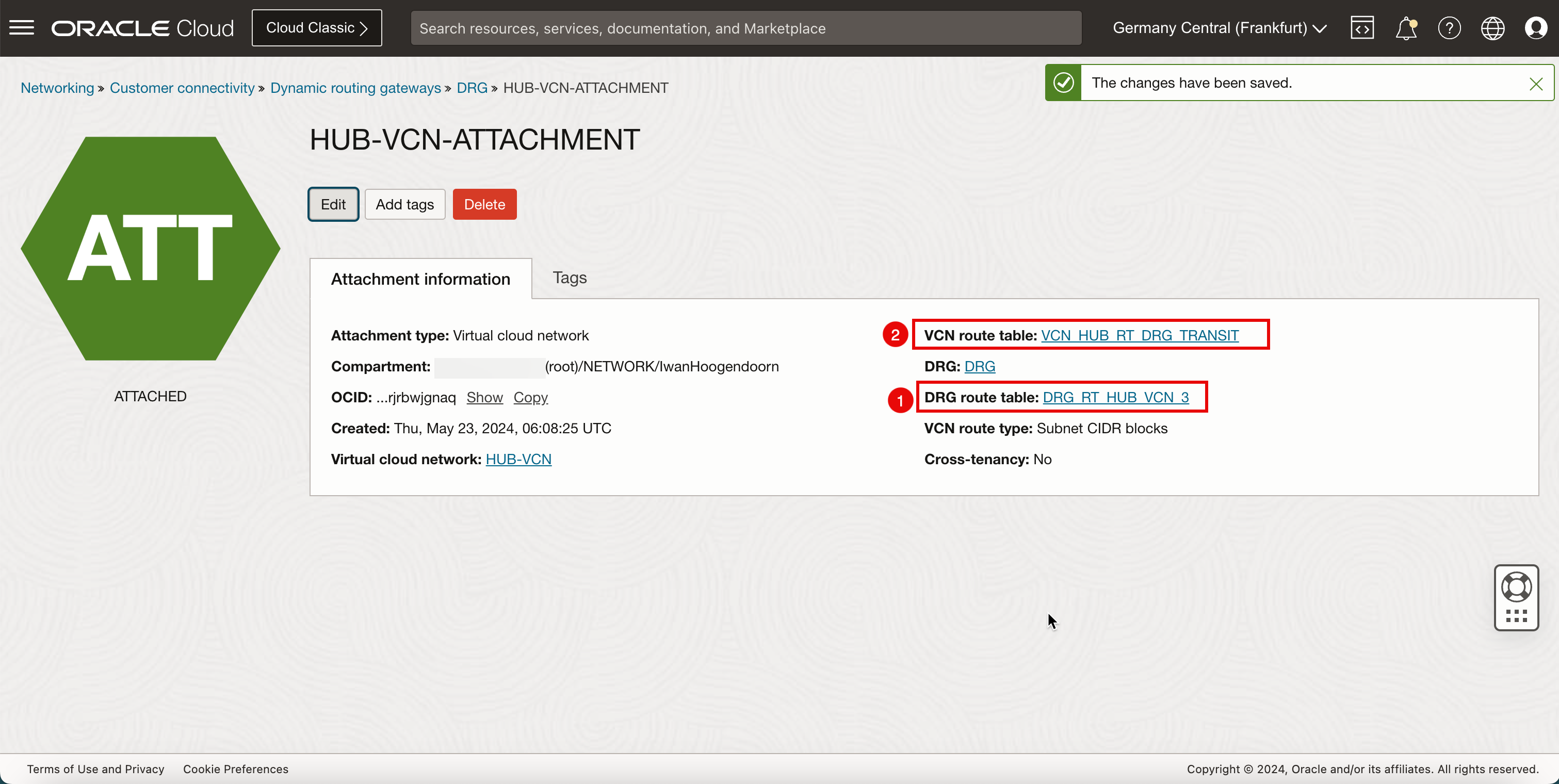

- Tenere presente che una nuova tabella di instradamento DRG è attiva nel collegamento della VCN hub.

- Tenere presente che una nuova tabella di instradamento VCN è attiva nel collegamento della VCN hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Collegare le tabelle di instradamento della VCN:

Ora, le tabelle di instradamento della VCN verranno collegate anche se l'operazione è già stata avviata per una delle tabelle di instradamento della VCN nel task precedente.

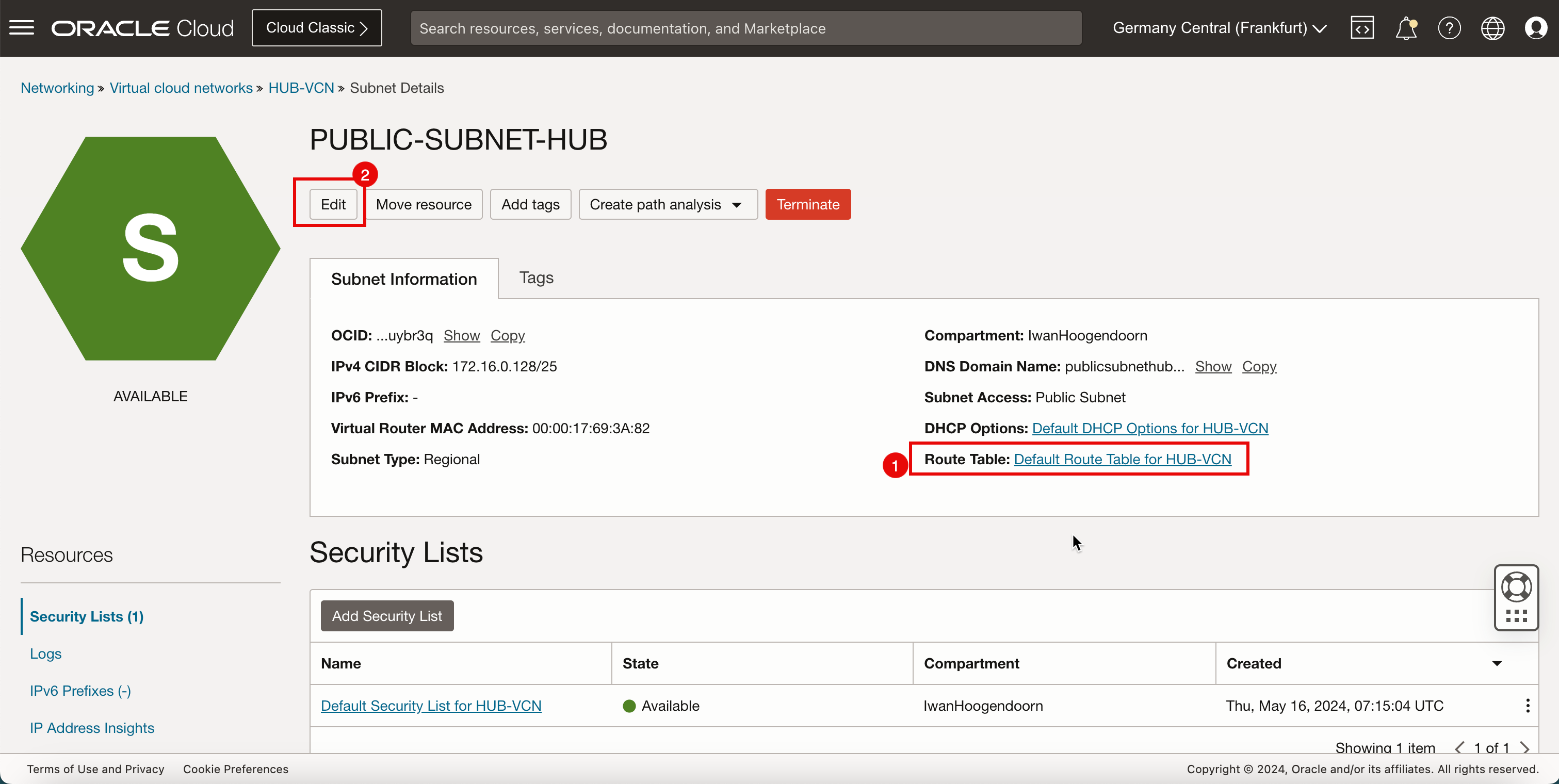

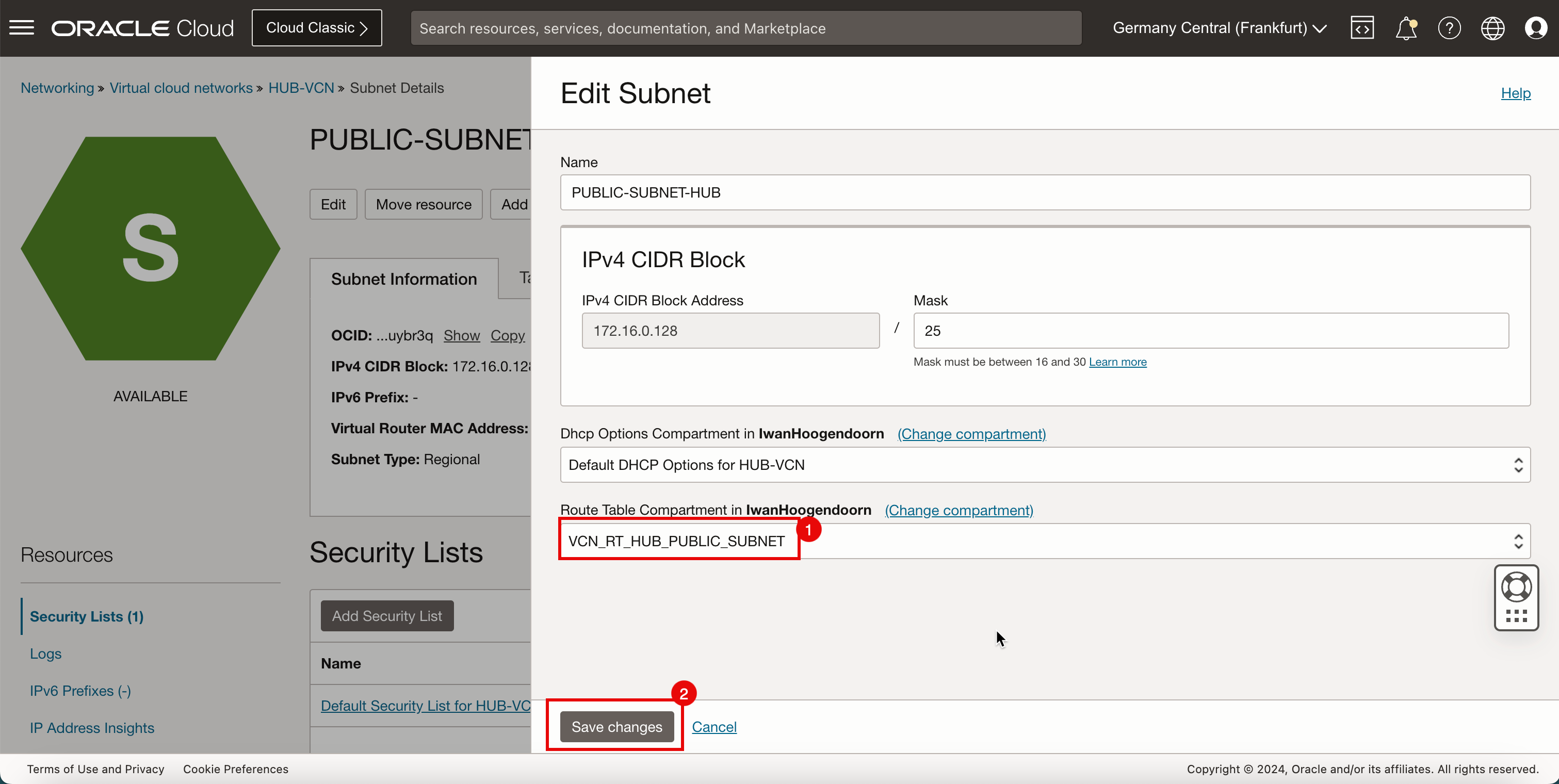

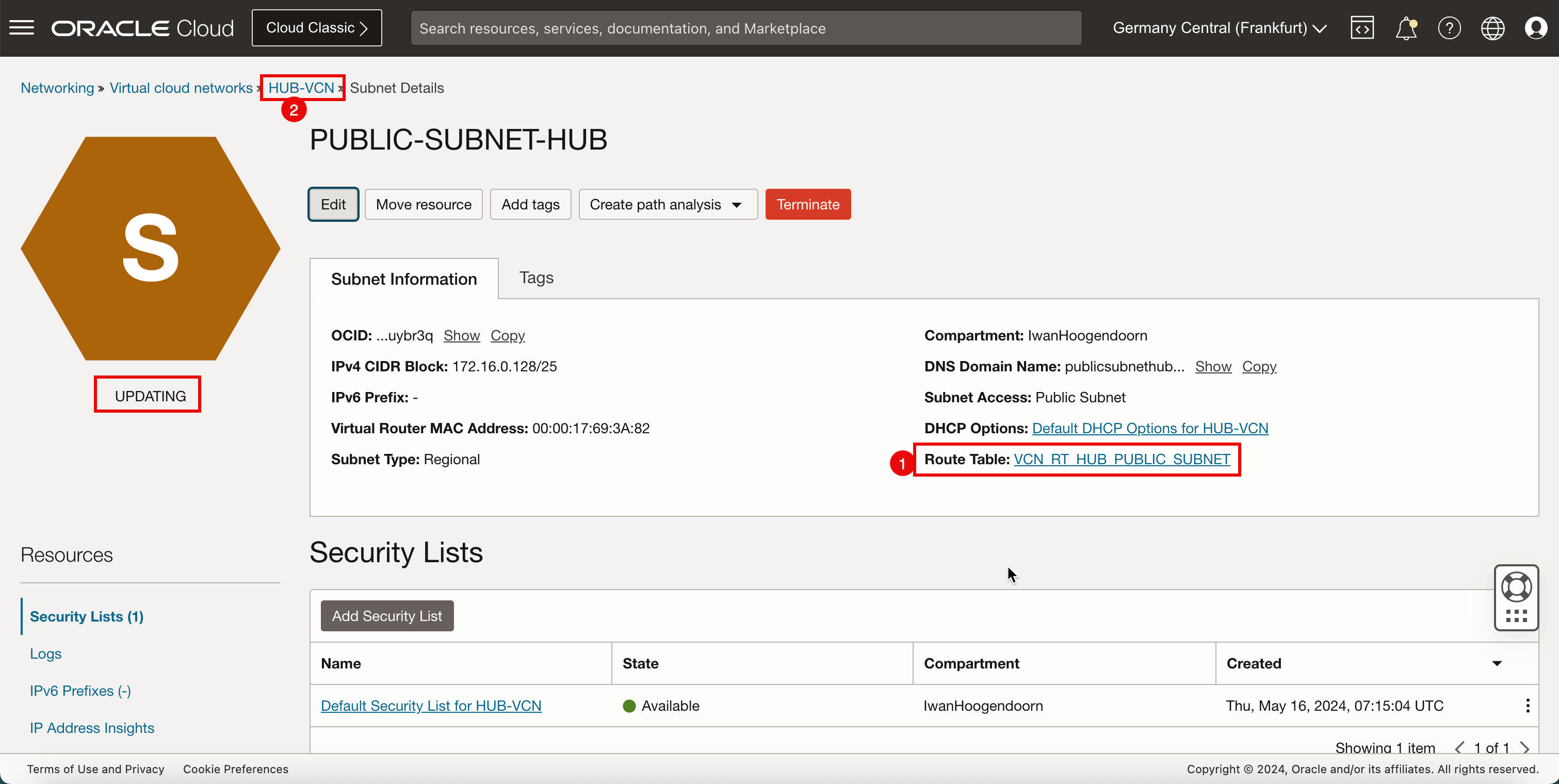

Collega tabelle di instradamento VCN alla subnet pubblica della VCN dell'hub

Collegare la tabella di instradamento della VCN (VCN_RT_HUB_PUBLIC_SUBNET) alla subnet pubblica nella VCN hub.

Informazioni di instradamento: (VCN_RT_HUB_PUBLIC_SUBNET) questa tabella di instradamento VCN instraderà il traffico destinato agli spoke al firewall. Anche il traffico destinato a Internet (tutto il traffico diverso dalle reti spoke) verso il gateway Internet verrà instradato da questa tabella di instradamento.

-

Andare a OCI Console.

- Clicca sul menu hamburger (≡) dall'angolo in alto a sinistra.

- Fare clic su Networking.

- Fare clic su Reti cloud virtuali.

-

Fare clic sulla VCN hub.

- Fare clic su Subnet.

- Fare clic su Subnet hub pubblico.

- Si noti che alla subnet dell'hub pubblico è associata la tabella VCN predefinita. Dobbiamo cambiare questa situazione.

- Fare clic su Modifica.

- Selezionare la tabella di instradamento della VCN creata in precedenza (

VCN_RT_HUB_PUBLIC_SUBNET). - Fare clic su Salva modifiche.

- Si noti che una nuova tabella di instradamento VCN è attiva nella subnet pubblica dell'hub.

- Fare clic su VCN hub per tornare alla pagina dei dettagli della VCN hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

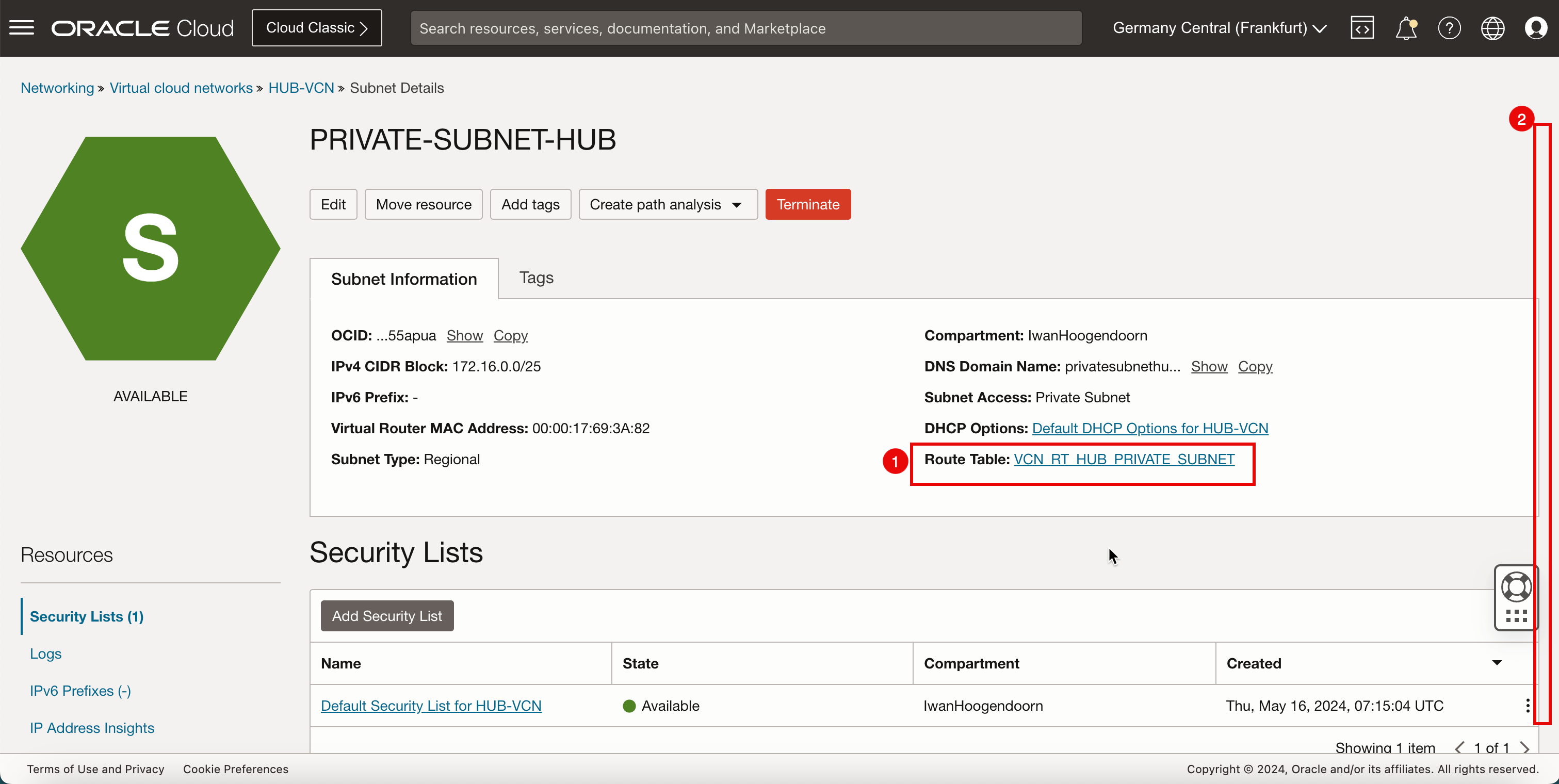

Collega tabelle di instradamento VCN alla subnet privata della VCN dell'hub

Successivamente, collegheremo la tabella di instradamento della VCN (VCN_RT_HUB_PRIVATE_SUBNET) alla subnet privata nella VCN hub.

Informazioni di instradamento: (VCN_RT_HUB_PRIVATE_SUBNET) questa tabella di instradamento VCN instraderà il traffico destinato agli spoke al firewall. Anche il traffico destinato a Internet (tutto il traffico diverso dalle reti spoke) verso il gateway NAT verrà instradato da questa tabella di instradamento.

-

Andare alla VCN hub.

- Fare clic su Subnet hub privato.

- Si noti che alla subnet dell'hub privato è già associata la tabella di instradamento VCN. Se la tabella VCN predefinita è ancora associata, modificarla. Per modificare, fare clic su Modifica e modificarlo in

VCN_RT_HUB_PRIVATE_SUBNET. - scorrere in Basso.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

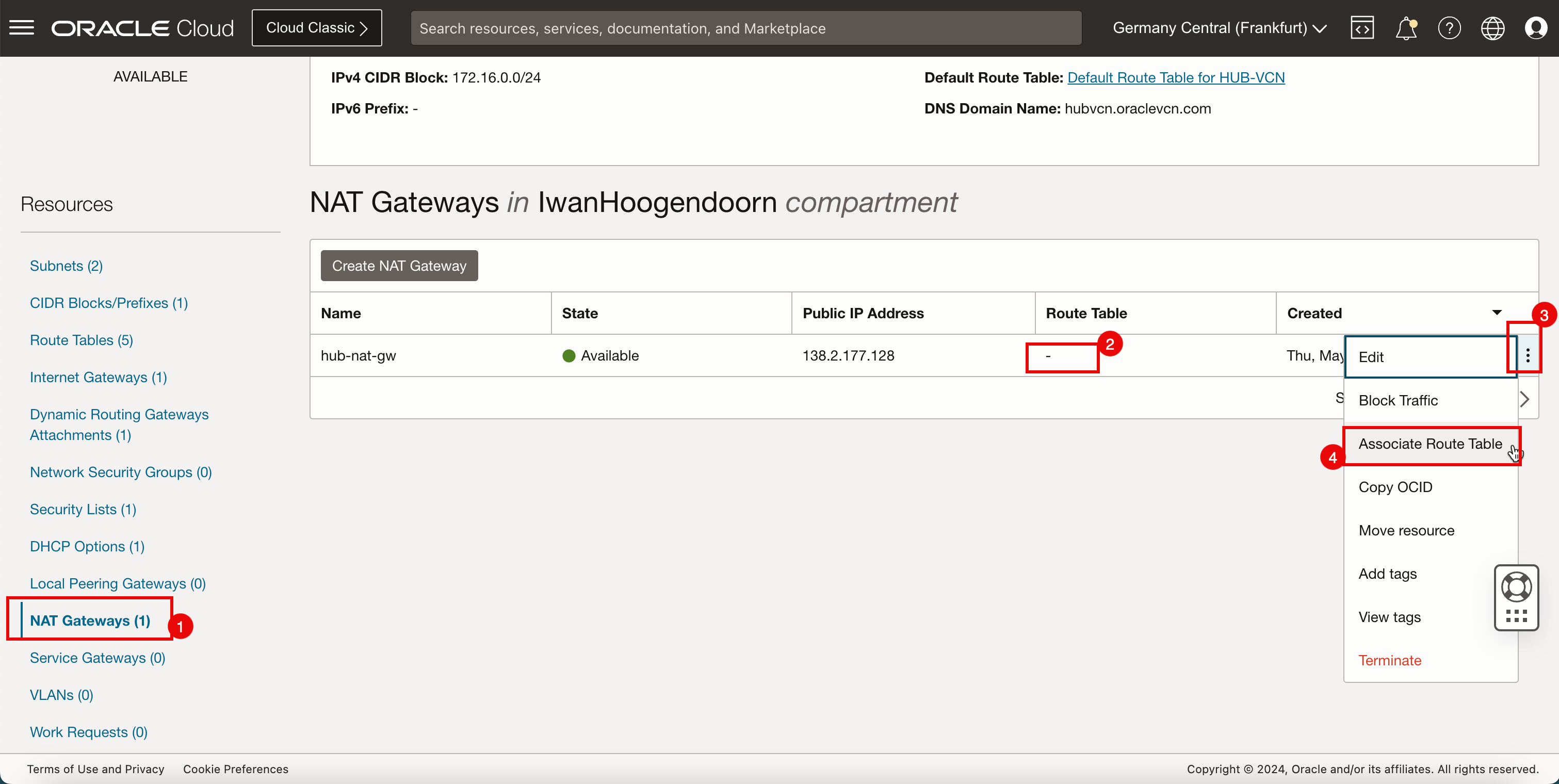

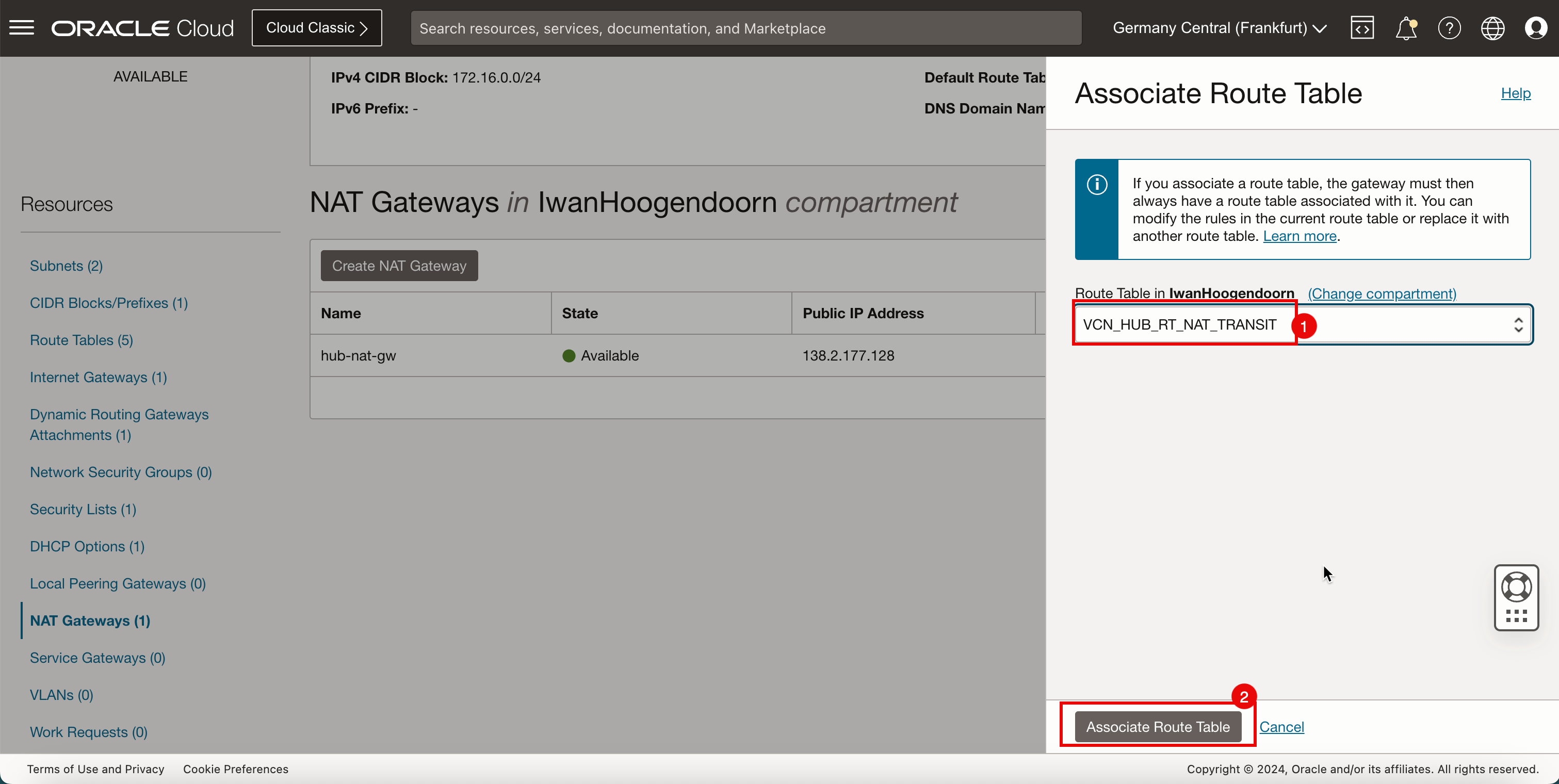

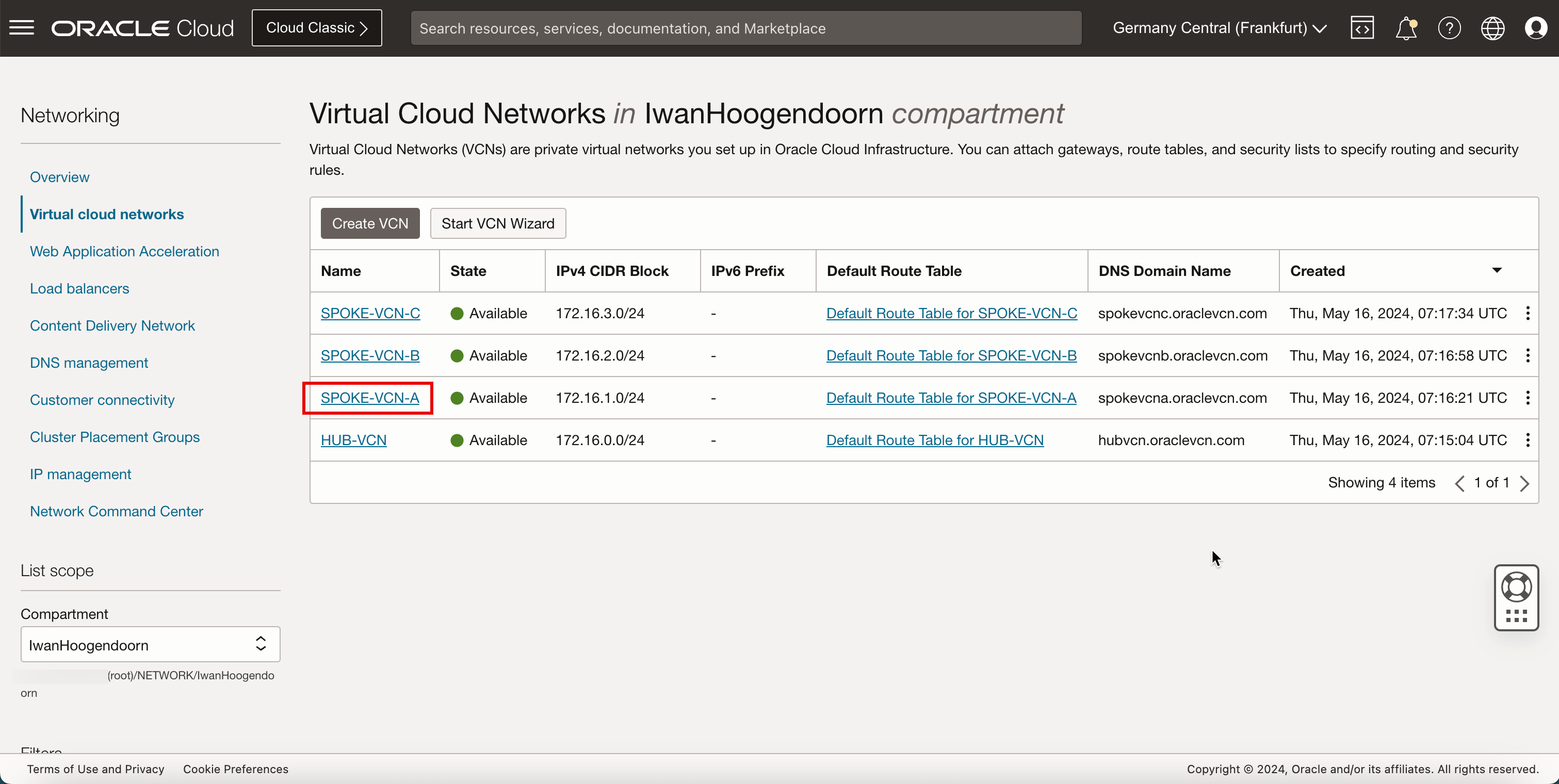

Collega tabelle di instradamento VCN al gateway NAT della VCN dell'hub

Collegare la tabella di instradamento della VCN (VCN_HUB_RT_NAT_TRANSIT) al gateway NAT nella VCN dell'hub.

Informazioni di instradamento: (VCN_HUB_RT_NAT_TRANSIT) questa tabella di instradamento VCN instraderà il traffico destinato agli spoke al firewall.

-

Andare a OCI Console.

- Fare clic su Gateway NAT.

- Si noti che al gateway NAT non è associata alcuna tabella di instradamento.

- Fare clic sui tre punti.

- Fare clic su Associa tabella di instradamento.

- Selezionare la tabella di instradamento della VCN creata in precedenza (

VCN_HUB_RT_NAT_TRANSIT). - Fare clic su Associa tabella di instradamento.

-

Tenere presente che una nuova tabella di instradamento VCN è attiva nel gateway NAT dell'hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

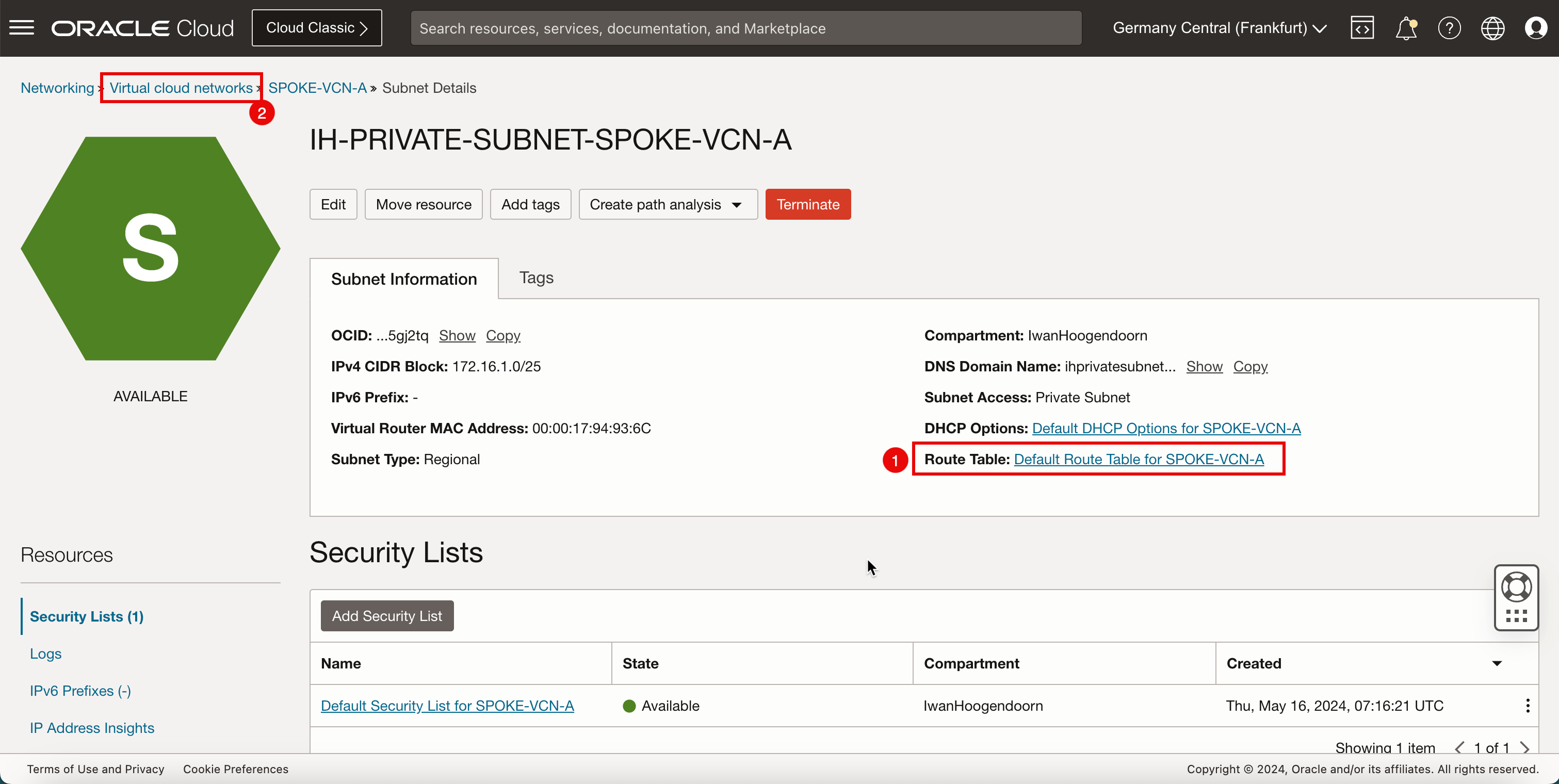

Collega tabelle di instradamento VCN alle subnet private della VCN spoke

Le tabelle di instradamento VCN spoke predefinite sono già state configurate in uno dei task precedenti. Le subnet private spoke (A, B e C) utilizzeranno automaticamente la tabella di instradamento VCN predefinita e non è necessario modificarla. Possiamo fare un controllo rapido.

Andare a OCI Console, andare a Networking e Reti cloud virtuali.

-

Fare clic su VCN spoke A.

-

Fare clic su Spoke A Private Subnet.

- Si noti che viene utilizzata la tabella di instradamento predefinita per la VCN spoke A.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

Fare clic su VCN spoke B.

-

Fare clic su subnet privata spoke B.

- Si noti che viene utilizzata la tabella di instradamento predefinita per la VCN spoke B.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

Fare clic su VCN spoke C.

-

Fare clic su subnet privata spoke C.

-

Si noti che viene utilizzata la tabella di instradamento predefinita per la VCN spoke C.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Task 8: Verifica della connettività

L'instradamento è configurato per l'ambiente completo. Ora possiamo verificare se il routing funziona.

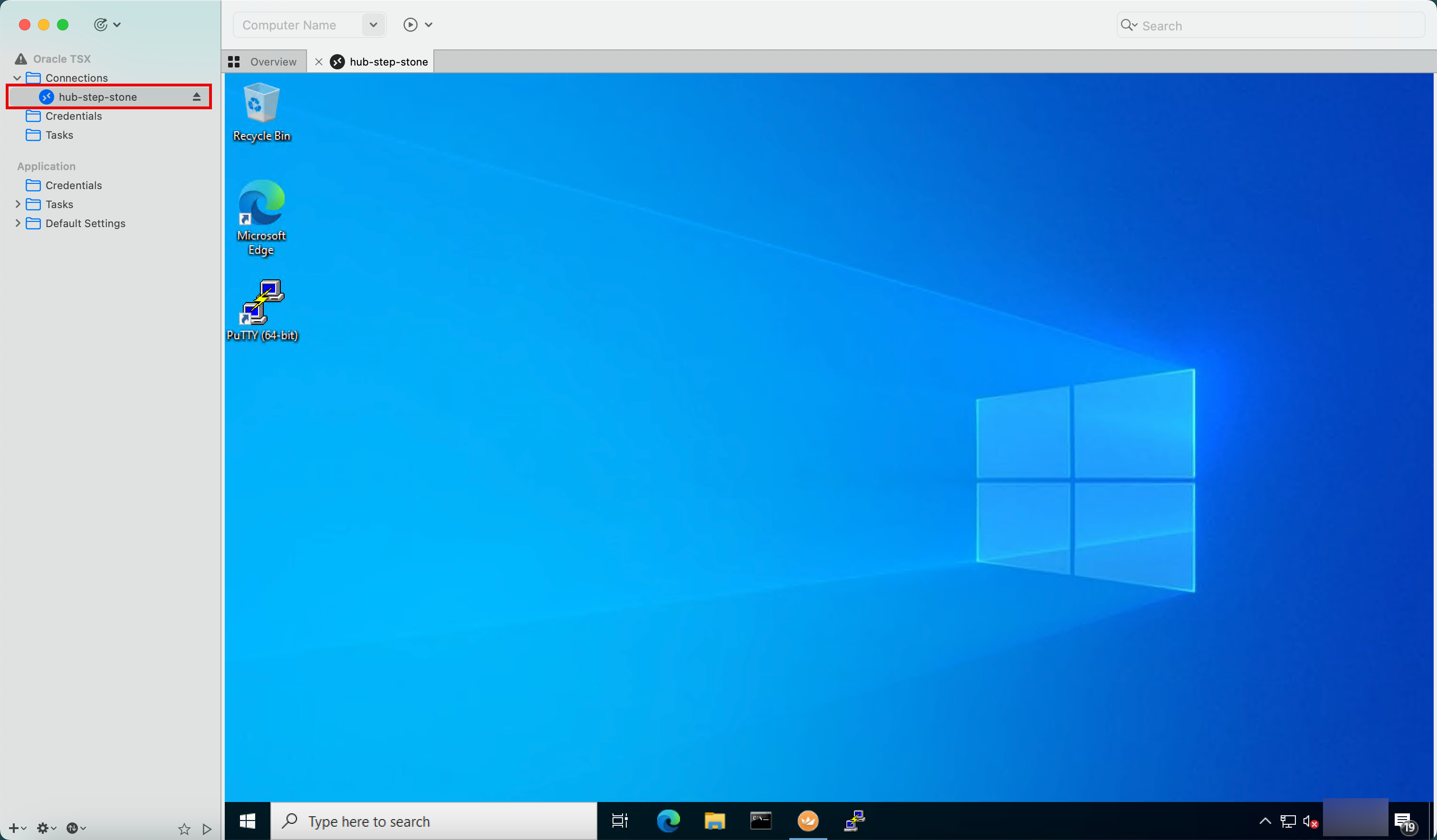

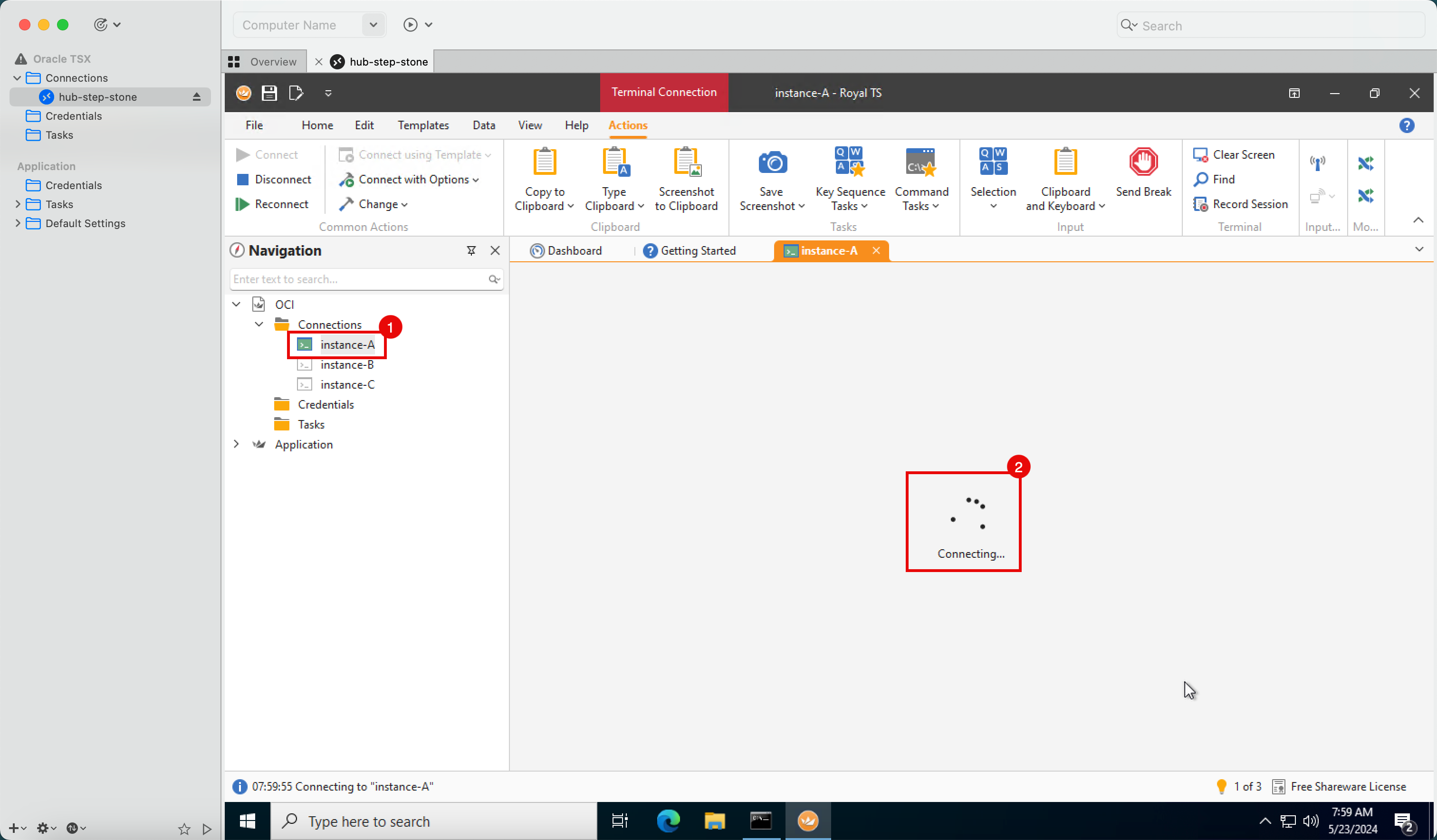

Task 8.1: connessione all'istanza di pietra del passo spoke con RDP

Ci connettiamo al trampolino di lancio di Windows utilizzando RDP attraverso Internet. Il traffico verrà instradato tramite il gateway Internet.

Una volta stabilita la connessione, sarà possibile visualizzare il desktop. Da questo desktop, eseguiamo alcuni test di ping ed eseguiamo la gestione sul firewall dell'hub pfSense.

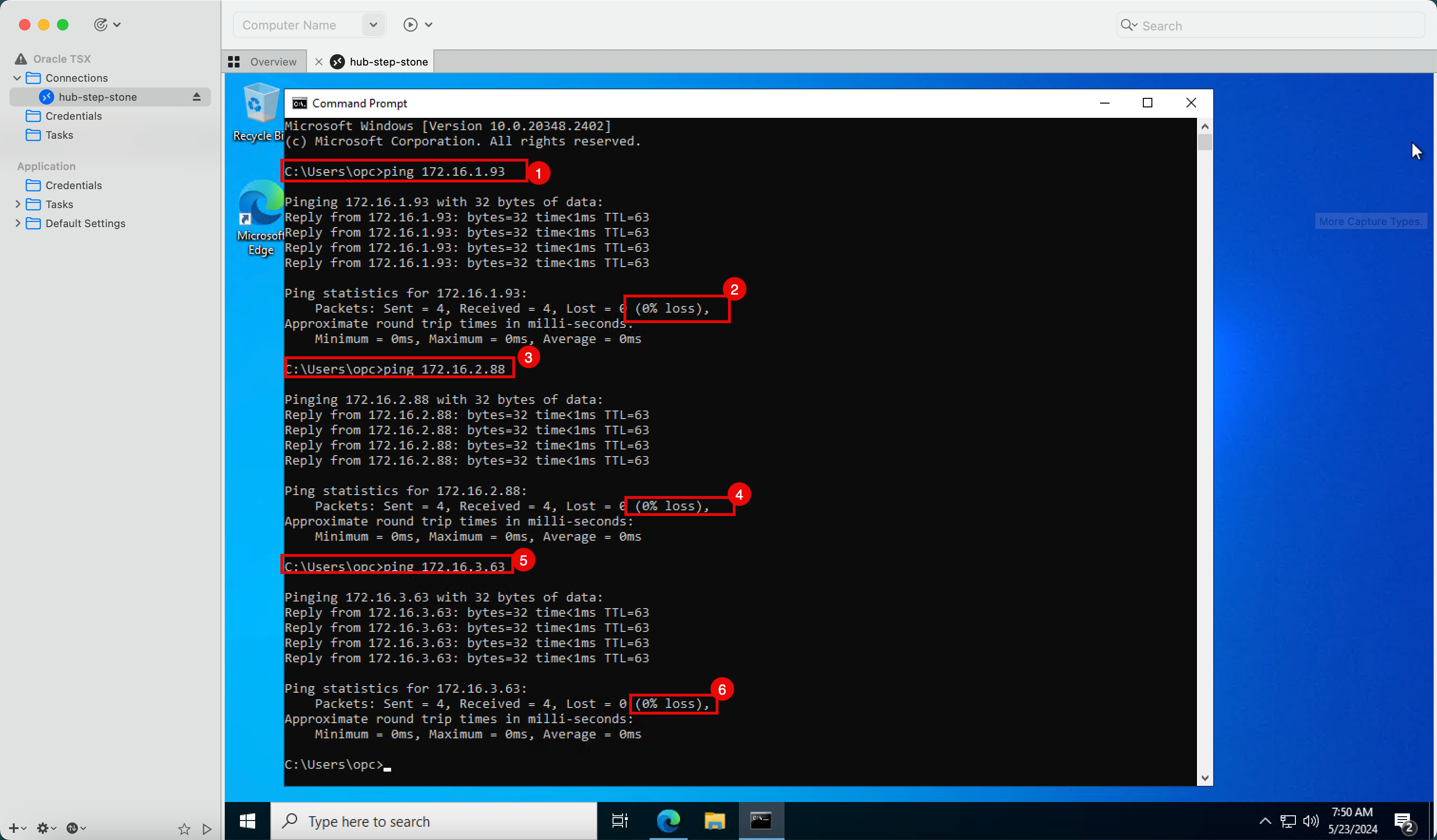

Task 8.2: Ping dalla VCN hub alla VCN spoke

Il primo test di ping che stiamo per eseguire è dall'hub-step-stone alle istanze VCN spoke.

-

A causa della configurazione dell'instradamento:

- Il traffico verrà inviato al firewall pfSense.

- Il firewall pfSense consentirà o negherà il traffico in base alle regole firewall configurate.

- Quando il traffico ICMP viene accettato, verrà instradato al DRG.

- Il gateway DRG instraderà quindi il traffico alla VCN spoke corretta.

- Eseguire un ping all'indirizzo IP A dell'istanza VCN spoke dall'hub-step-stone.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping all'indirizzo IP B dell'istanza VCN spoke dall'hub-step-stone.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping all'indirizzo IP C dell'istanza VCN spoke dall'hub-step-stone.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

-

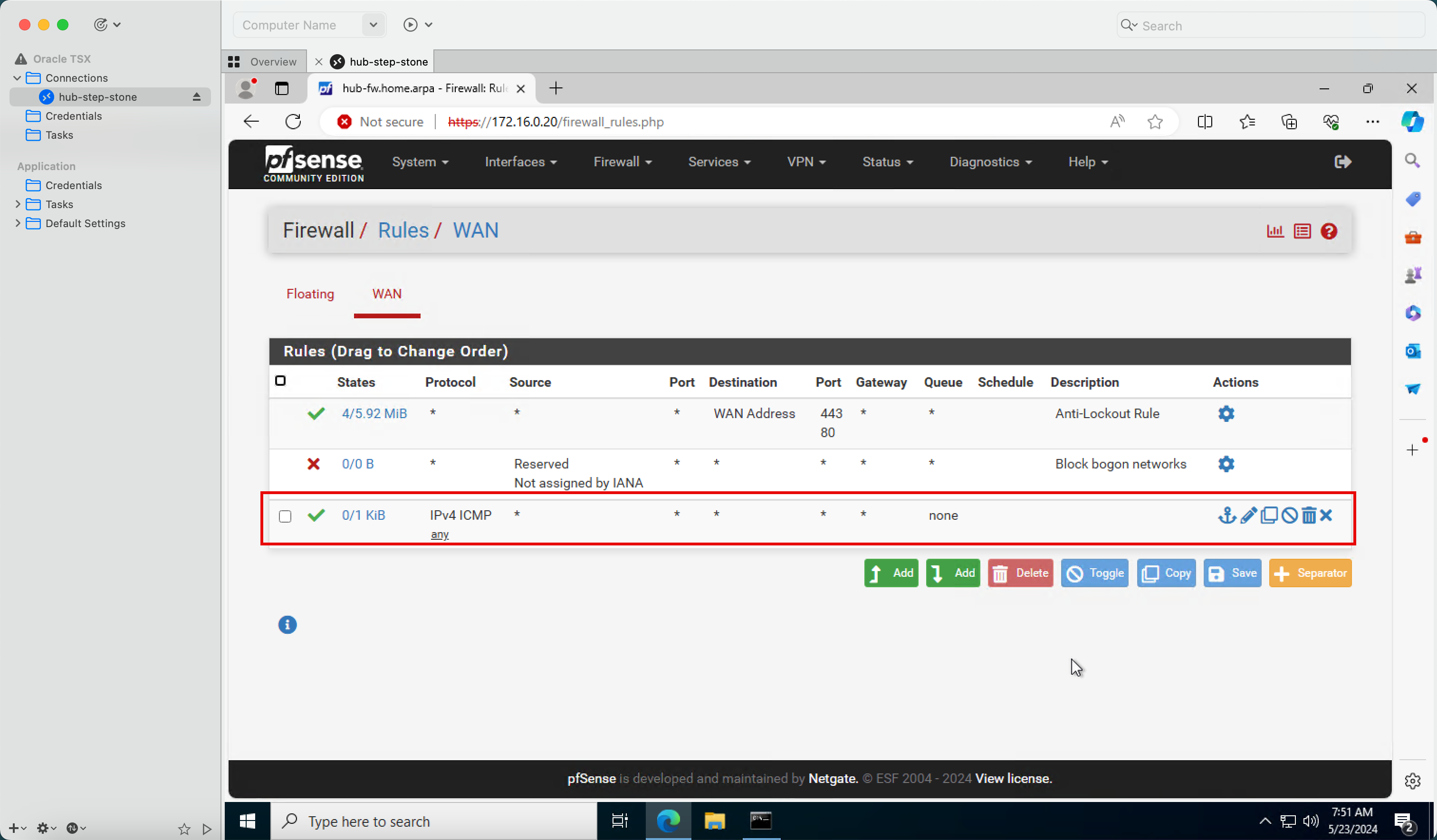

Tutti questi ping hanno successo perché abbiamo una regola firewall in atto nel firewall dell'hub pfSense che consente tutto il traffico ICMP. Quando abbiamo creato il firewall pfSense in questa esercitazione: Installa un firewall pfSense in Oracle Cloud Infrastructure abbiamo aggiunto questa regola firewall.

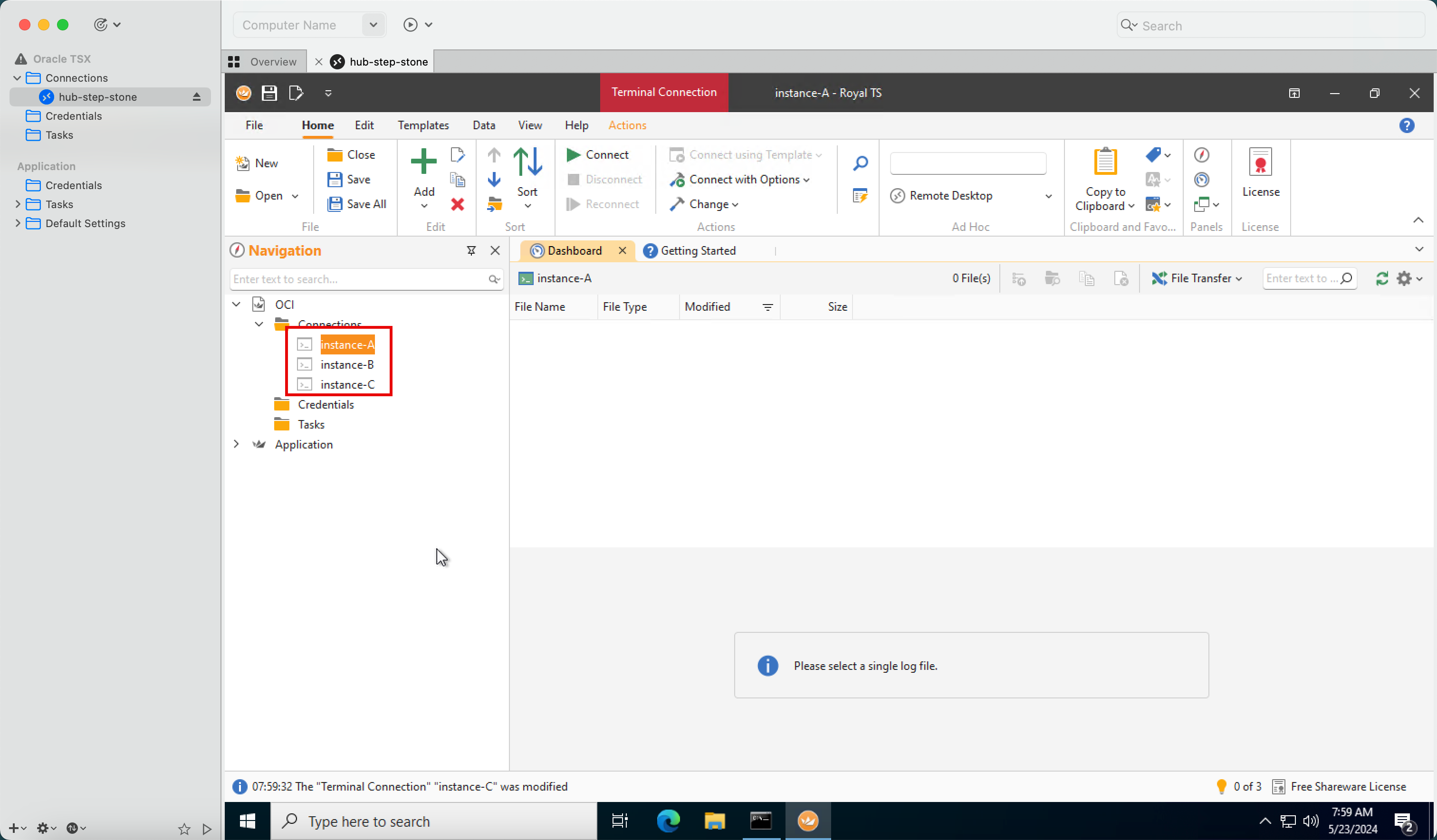

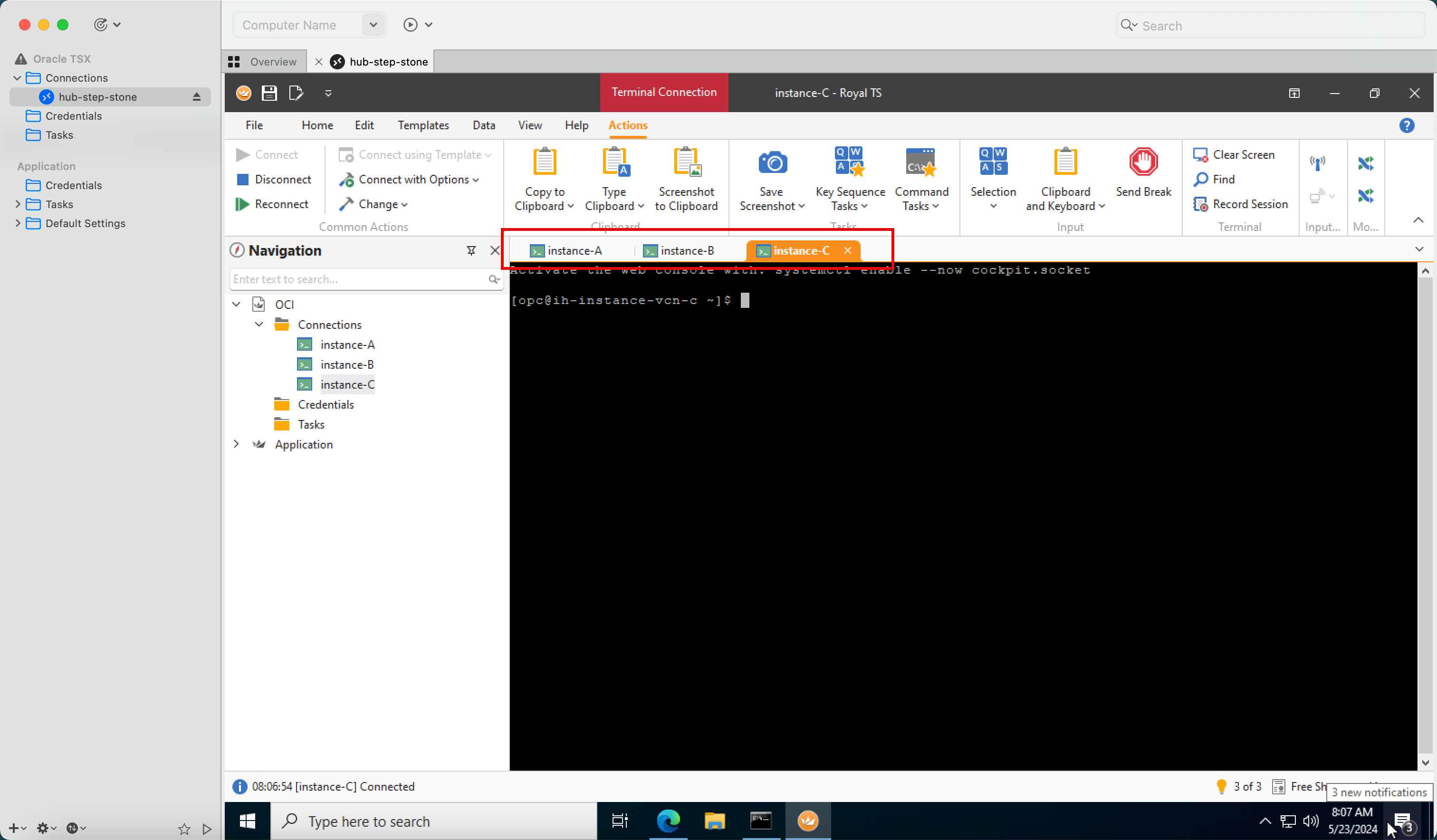

Task 8.3: connessione alle istanze spoke con SSH

Il ping (ICMP) funziona nel task 8.2. Ora è possibile connettersi alle istanze spoke con SSH perché è necessario eseguire anche alcuni test di connettività dalle istanze spoke.

-

A causa della configurazione dell'instradamento:

- Il traffico verrà inviato al firewall pfSense.

- Il firewall pfSense consentirà o negherà il traffico in base alle regole firewall configurate.

- Quando il traffico SSH viene accettato, tale traffico verrà instradato al gateway DRG.

- Il gateway DRG instraderà quindi il traffico alla VCN spoke corretta.

-

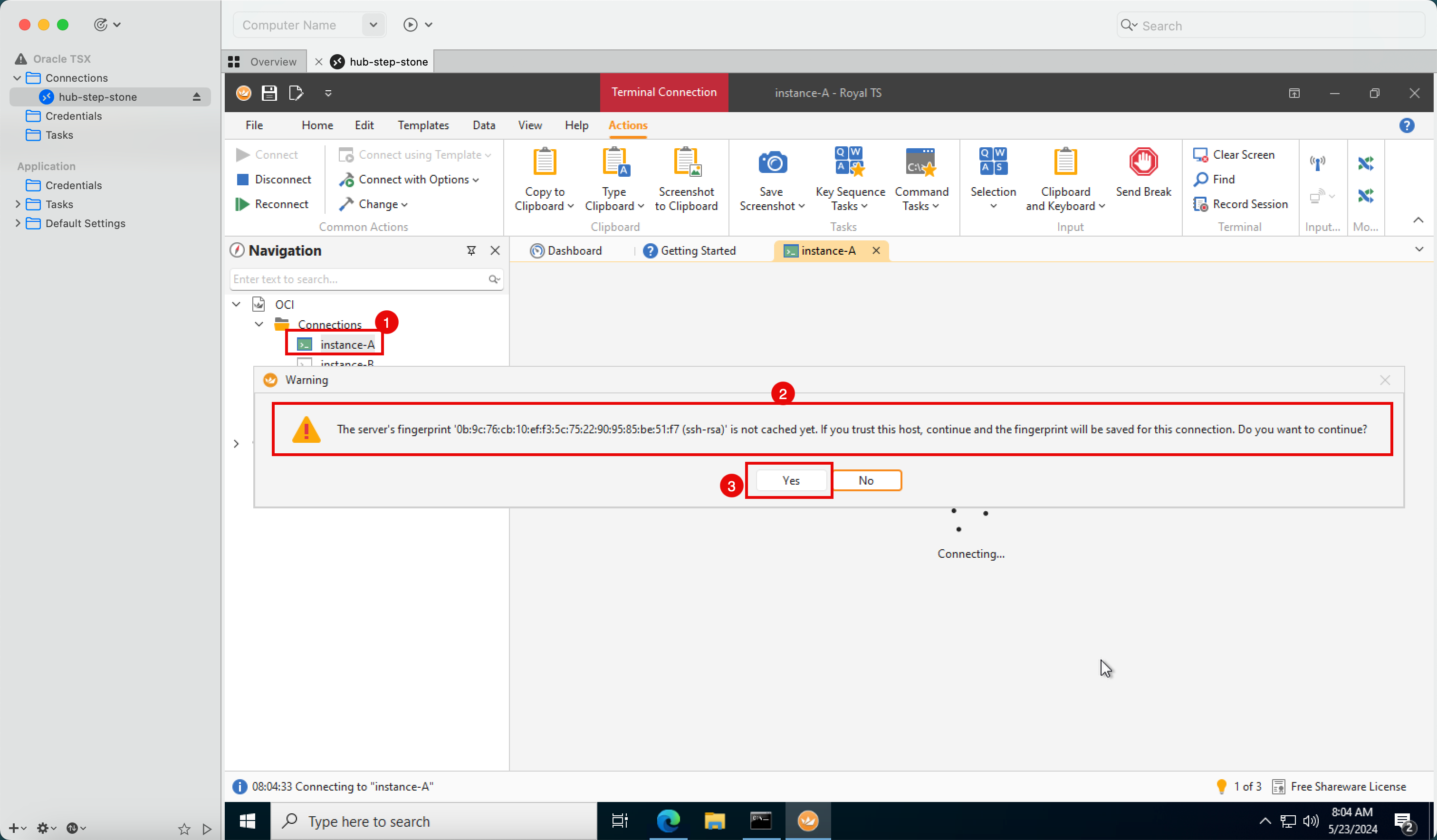

Per questa esercitazione, ho preconfigurato tutte le sessioni SSH nell'applicazione Royal TSX.

- Connettersi all'istanza della VCN spoke A.

- Si noti che la connessione sta cercando di superare.

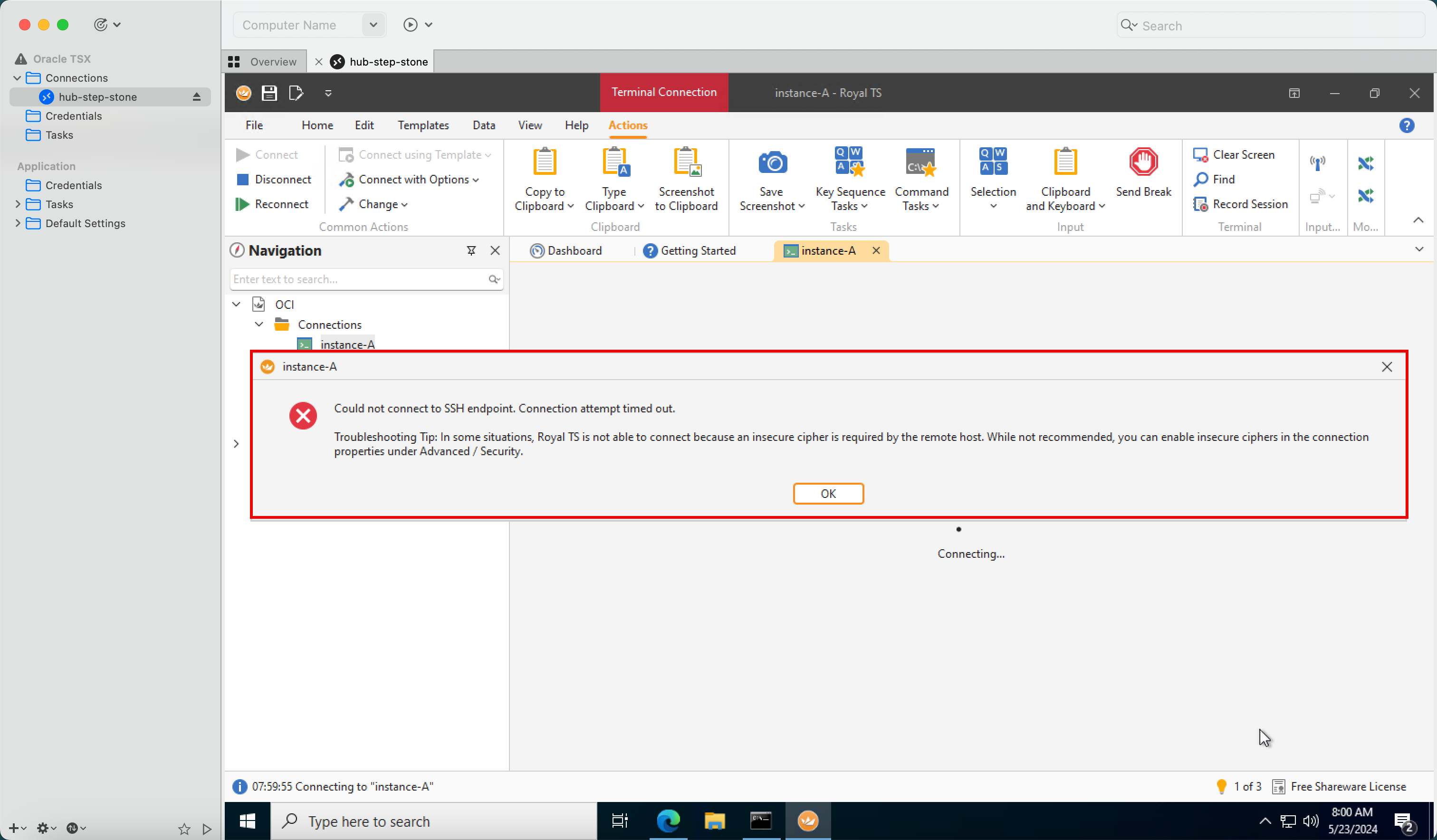

-

Si noti che il timeout della connessione è in corso. Il motivo è che non esiste una regola firewall nel firewall dell'hub pfSense che consenta il traffico TCP/

22(SSH).

-

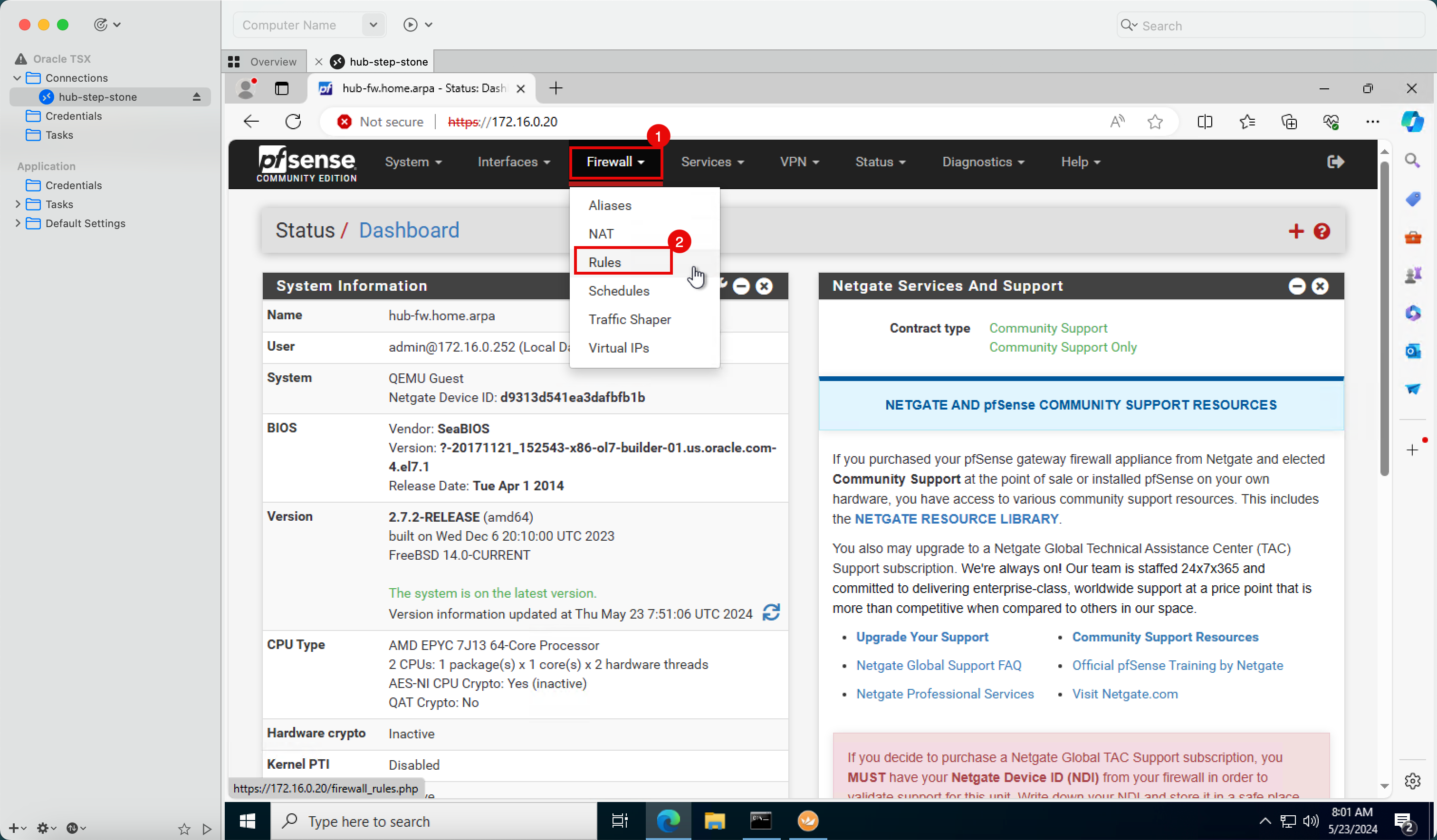

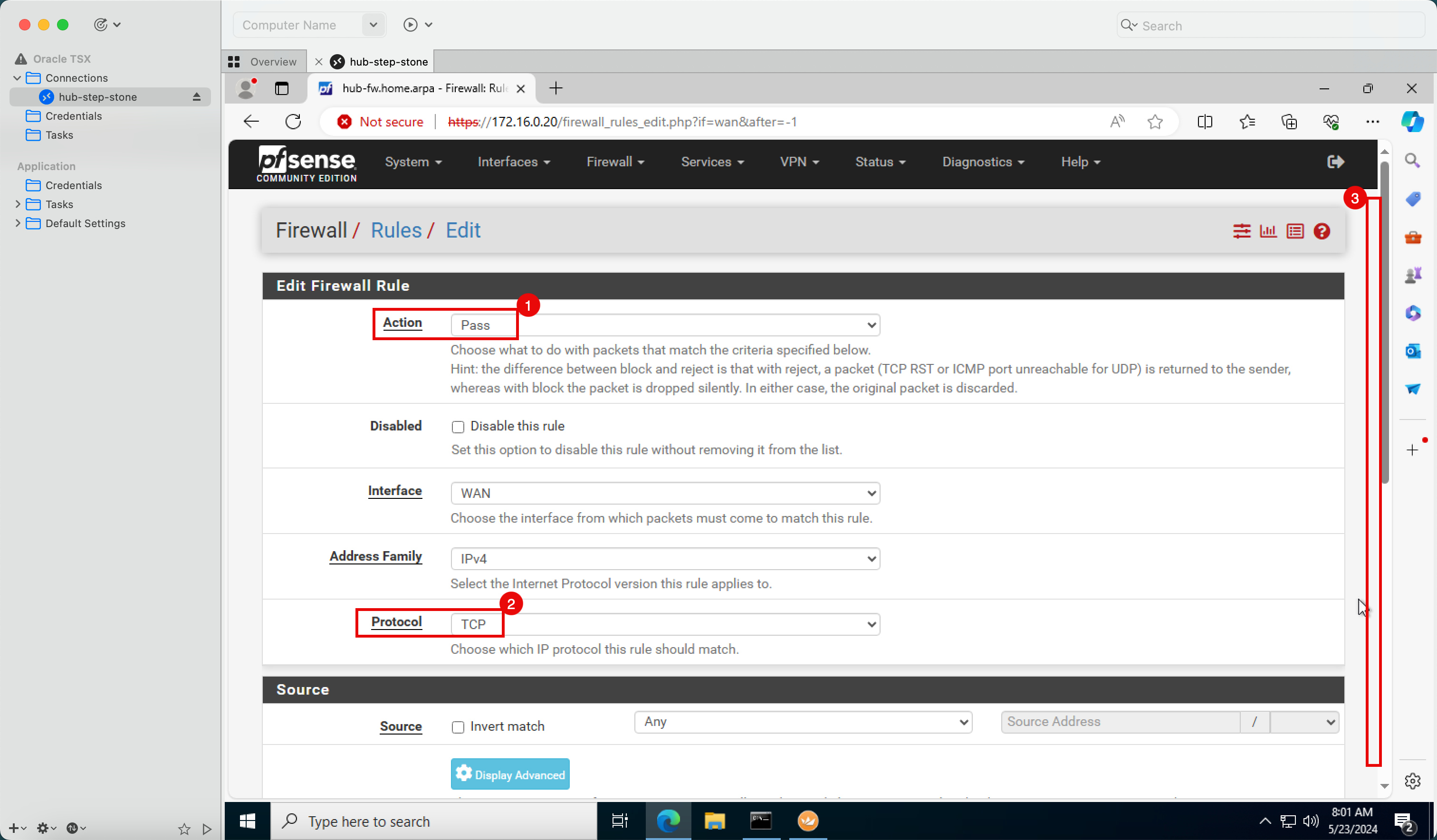

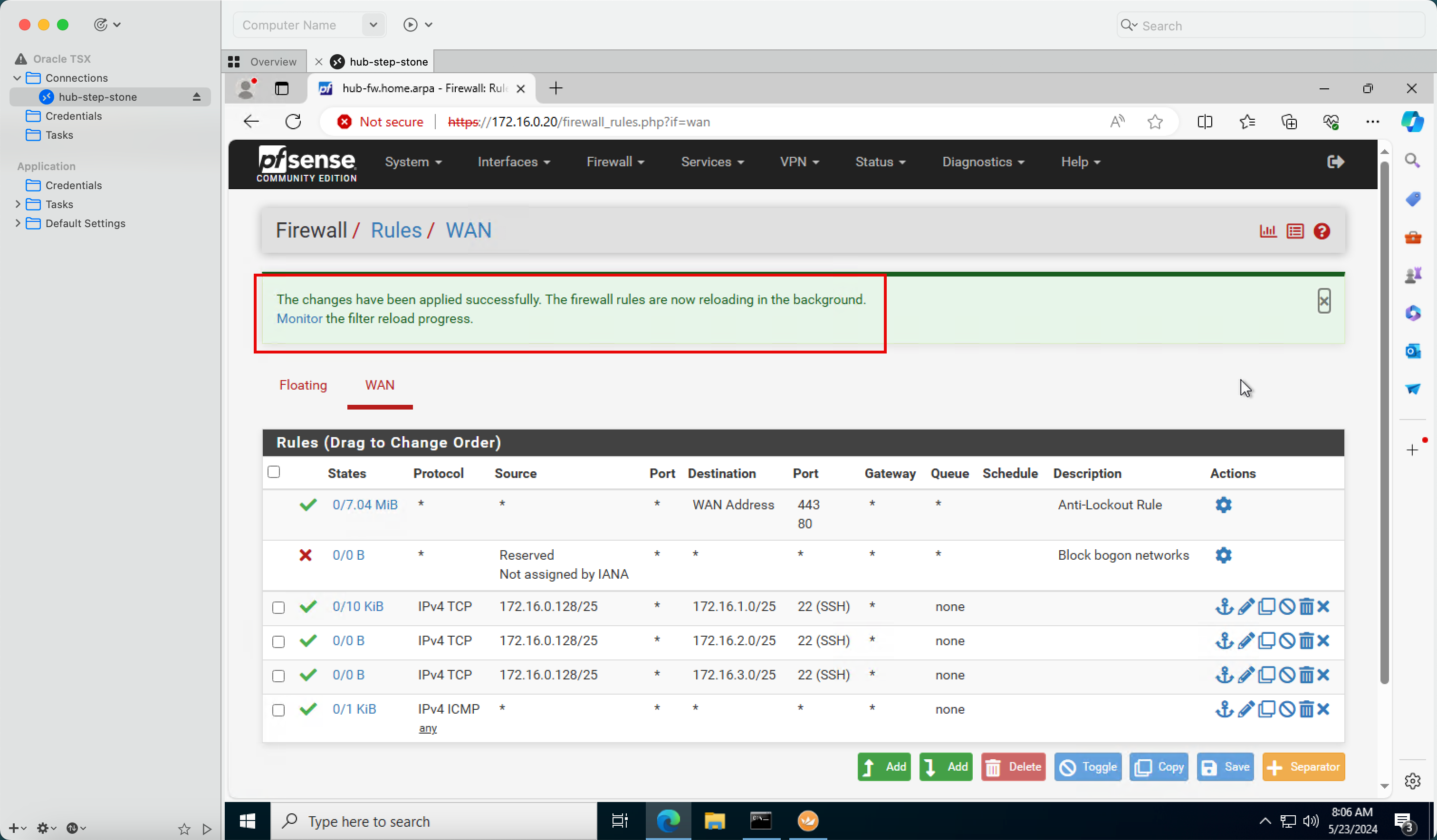

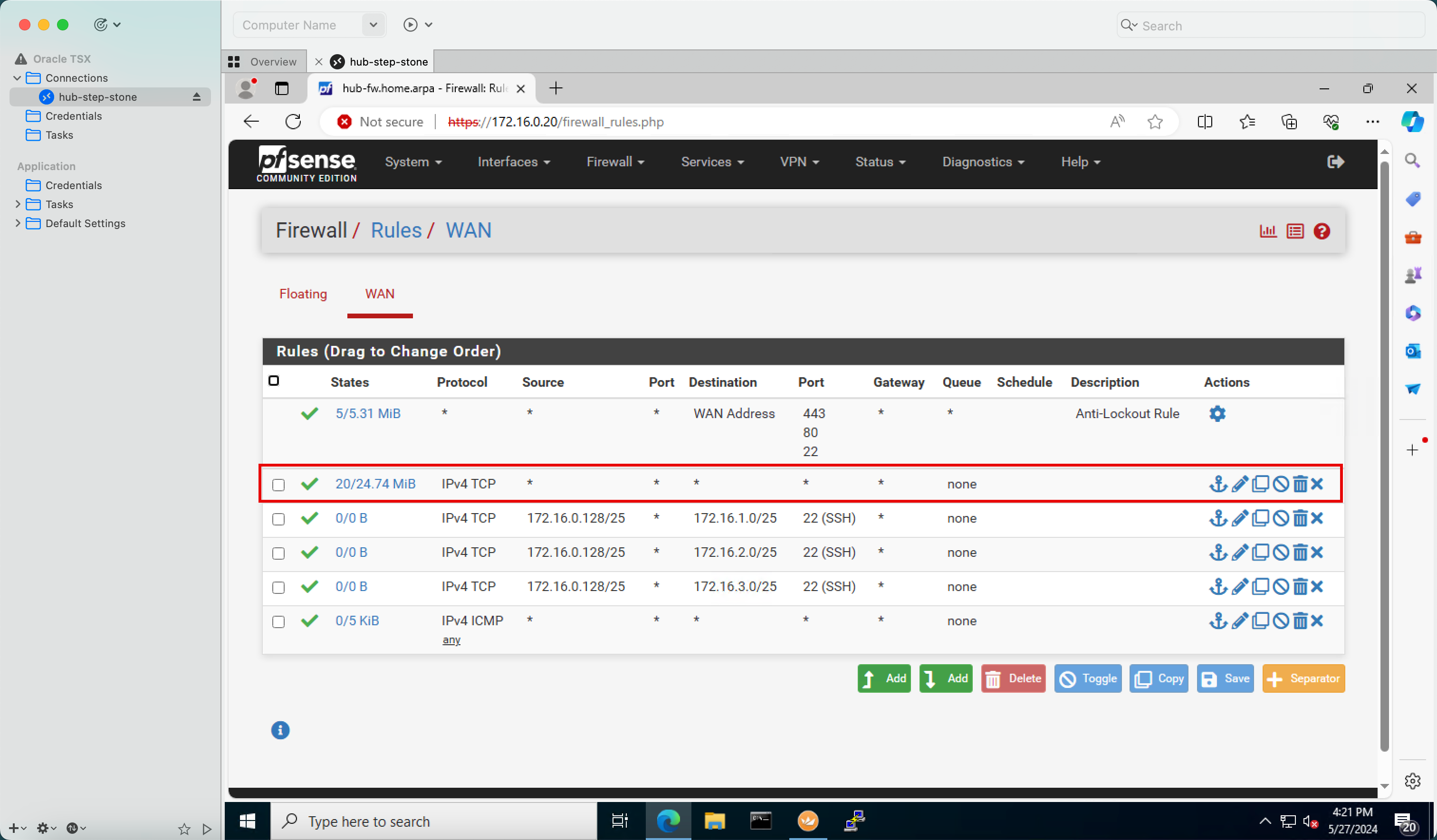

Connettersi alla console di gestione pfSense.

- Fare clic sul menu a discesa Firewall.

- Fare clic su Regole.

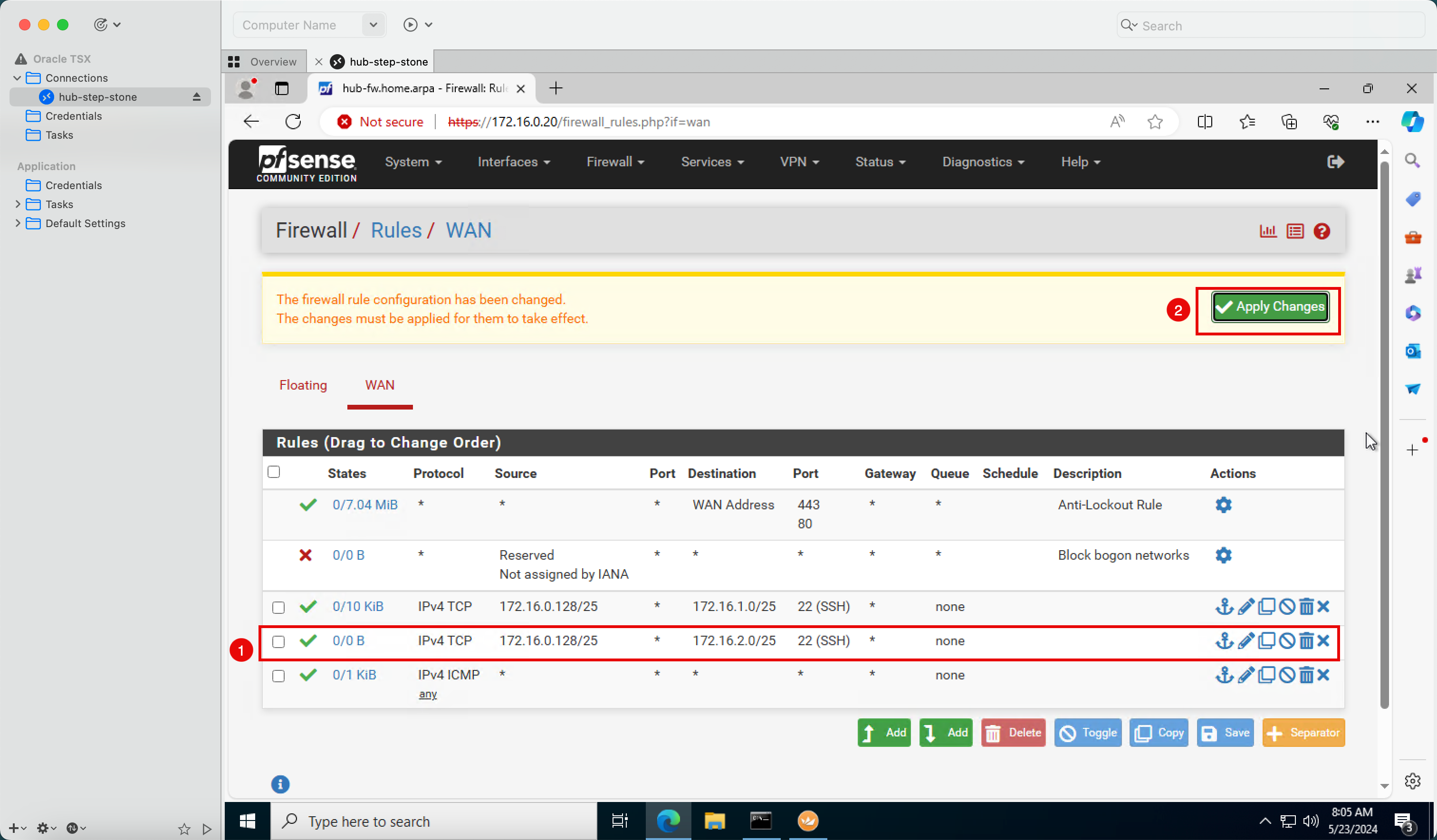

-

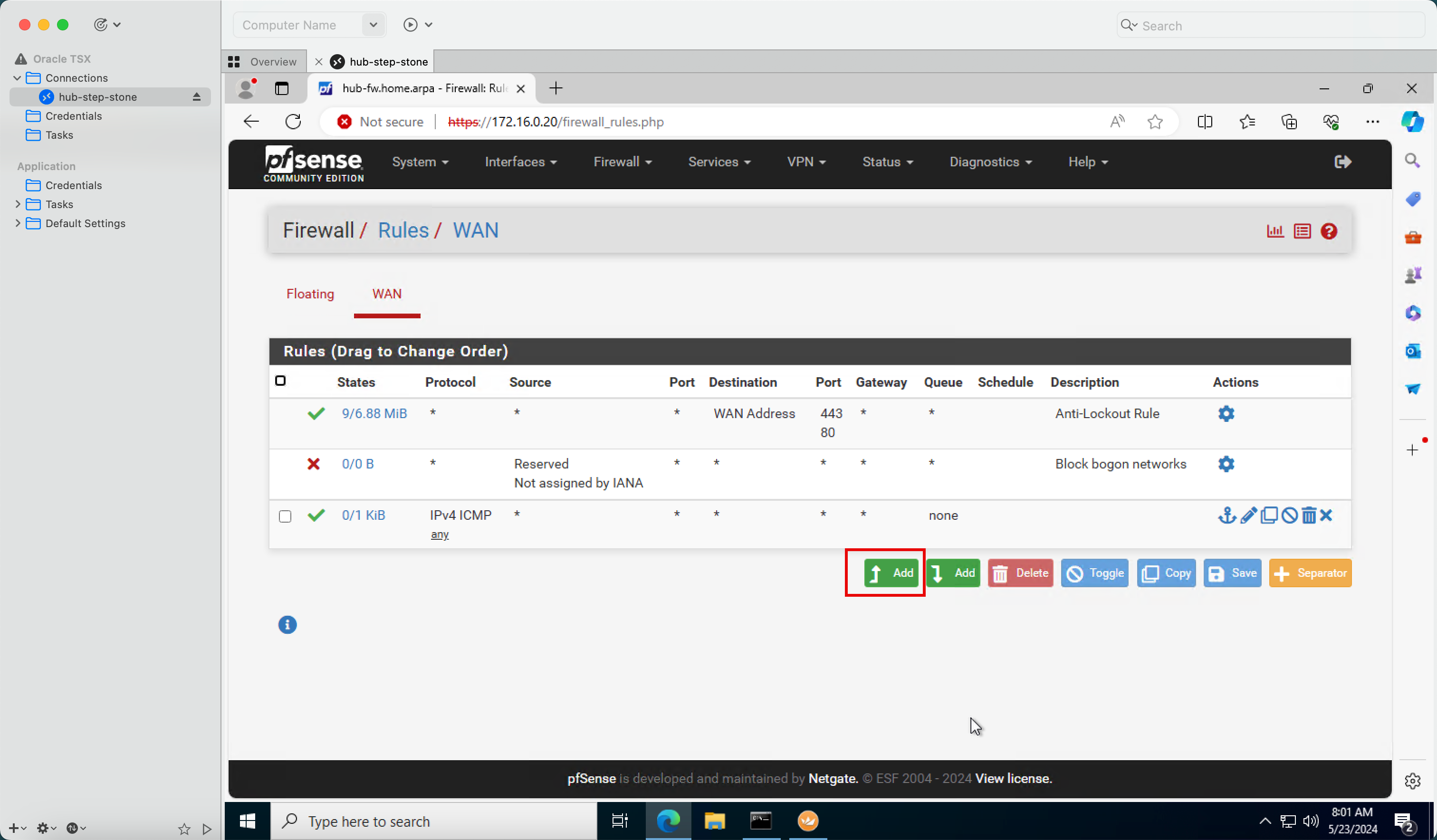

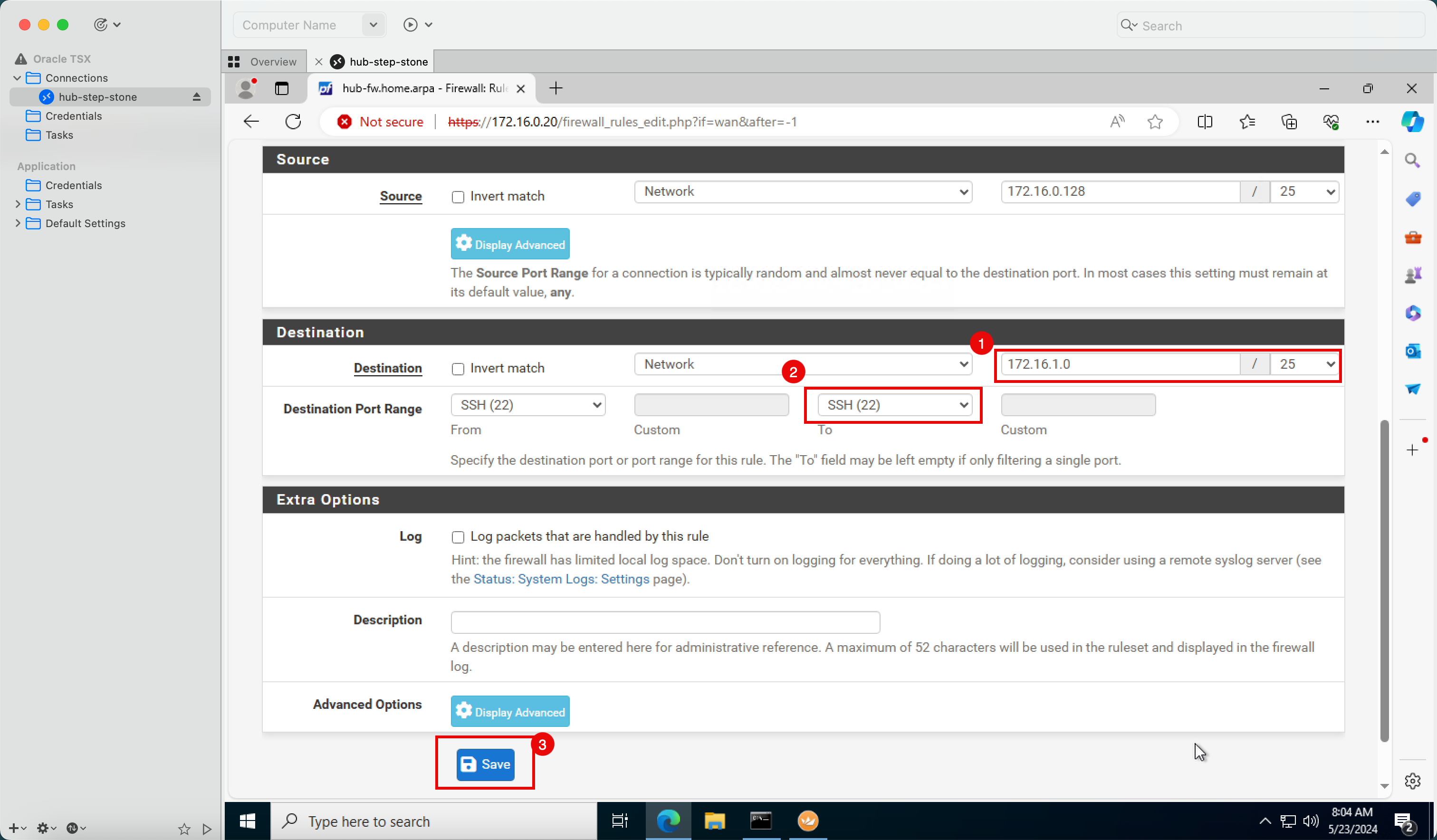

Fare clic su Aggiungi.

- In Azione, selezionare Passa.

- In Protocollo, selezionare TCP.

- In Rete di destinazione immettere

172.16.1.0/25. - In Intervallo porte di destinazione selezionare SSH (22).

- Fare clic su Salva.

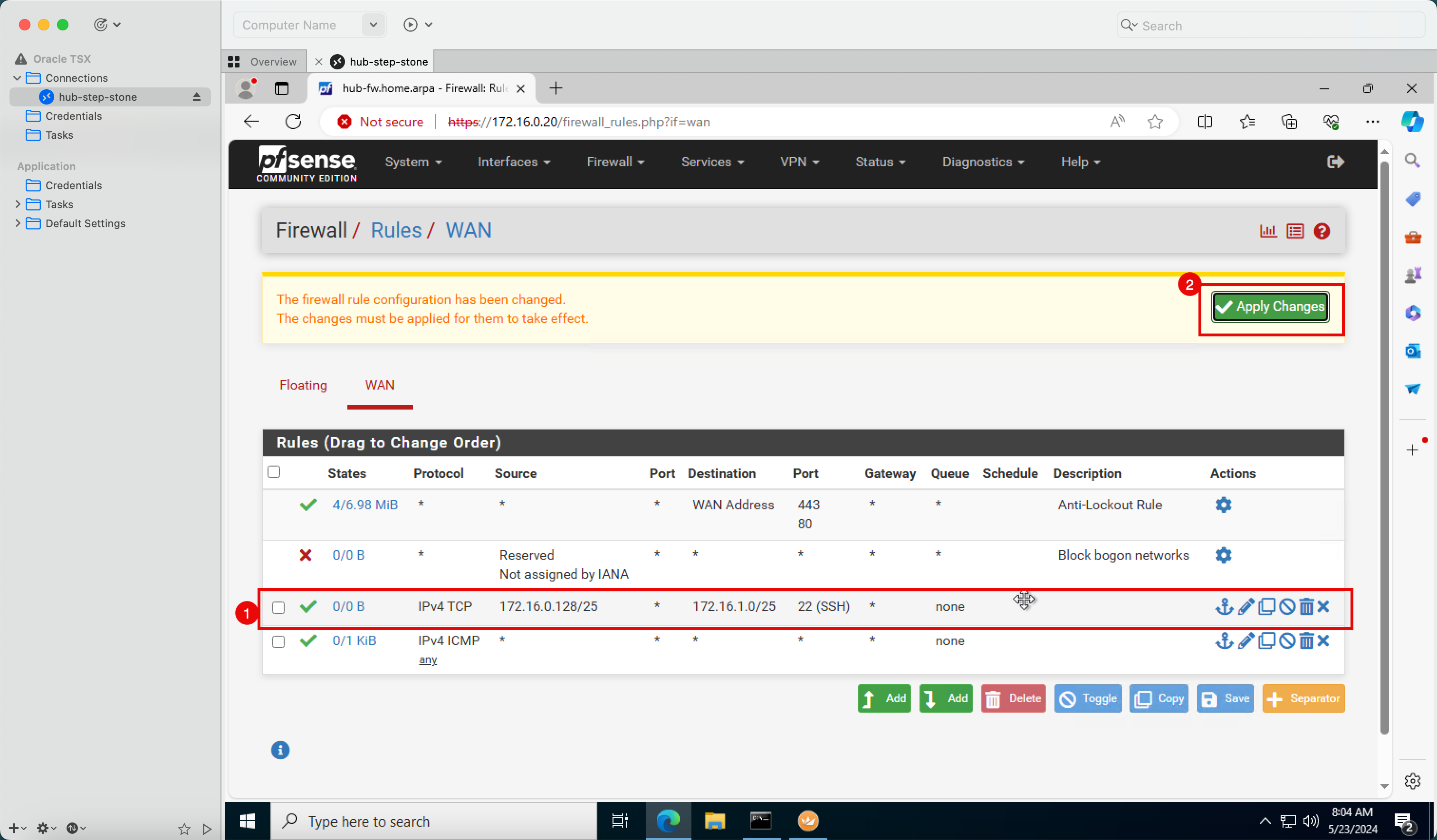

- Tenere presente che la regola firewall è ora presente per consentire l'accesso SSH alla rete VCN A spoke.

- Fare clic su Applica modifiche.

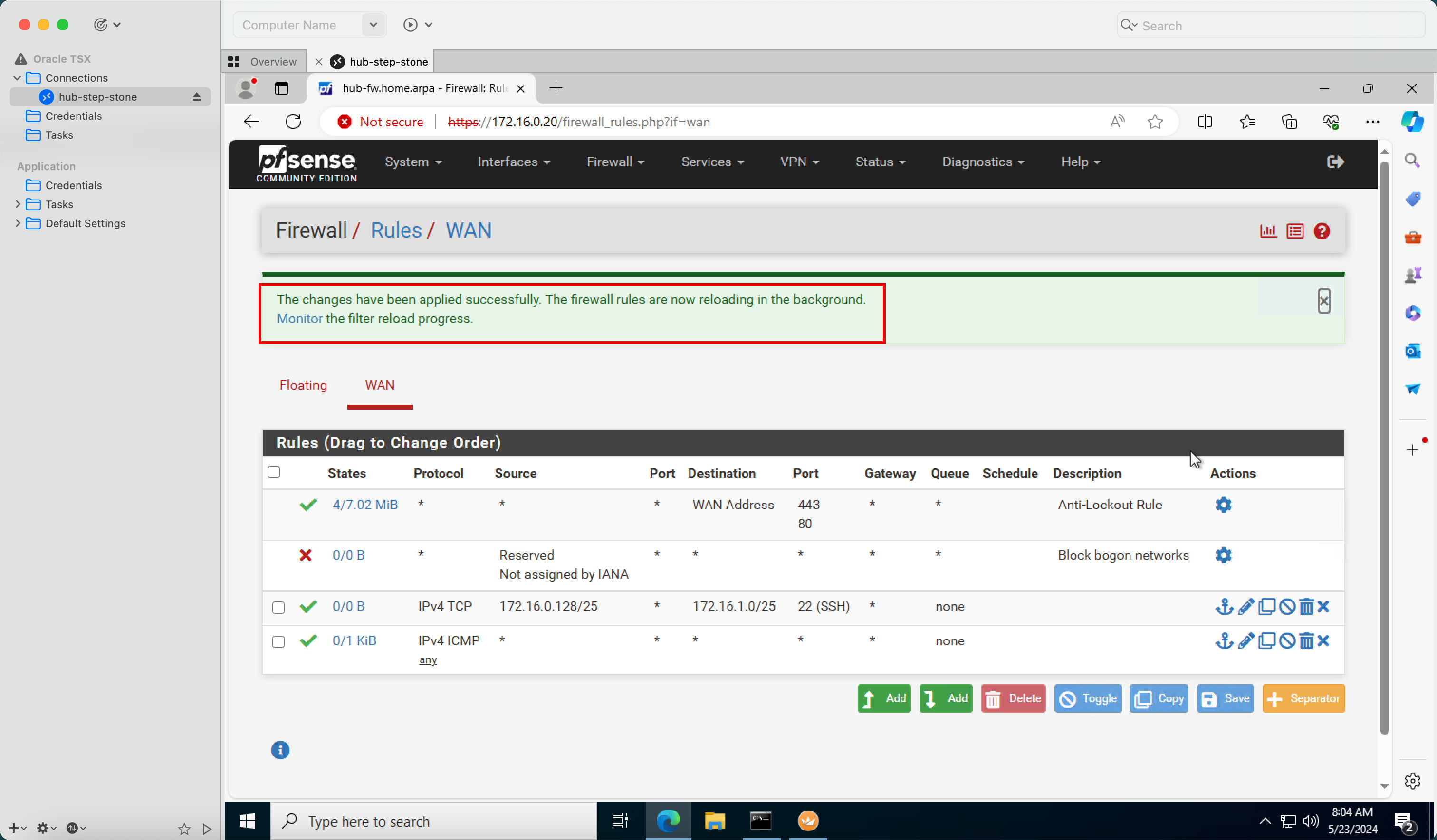

-

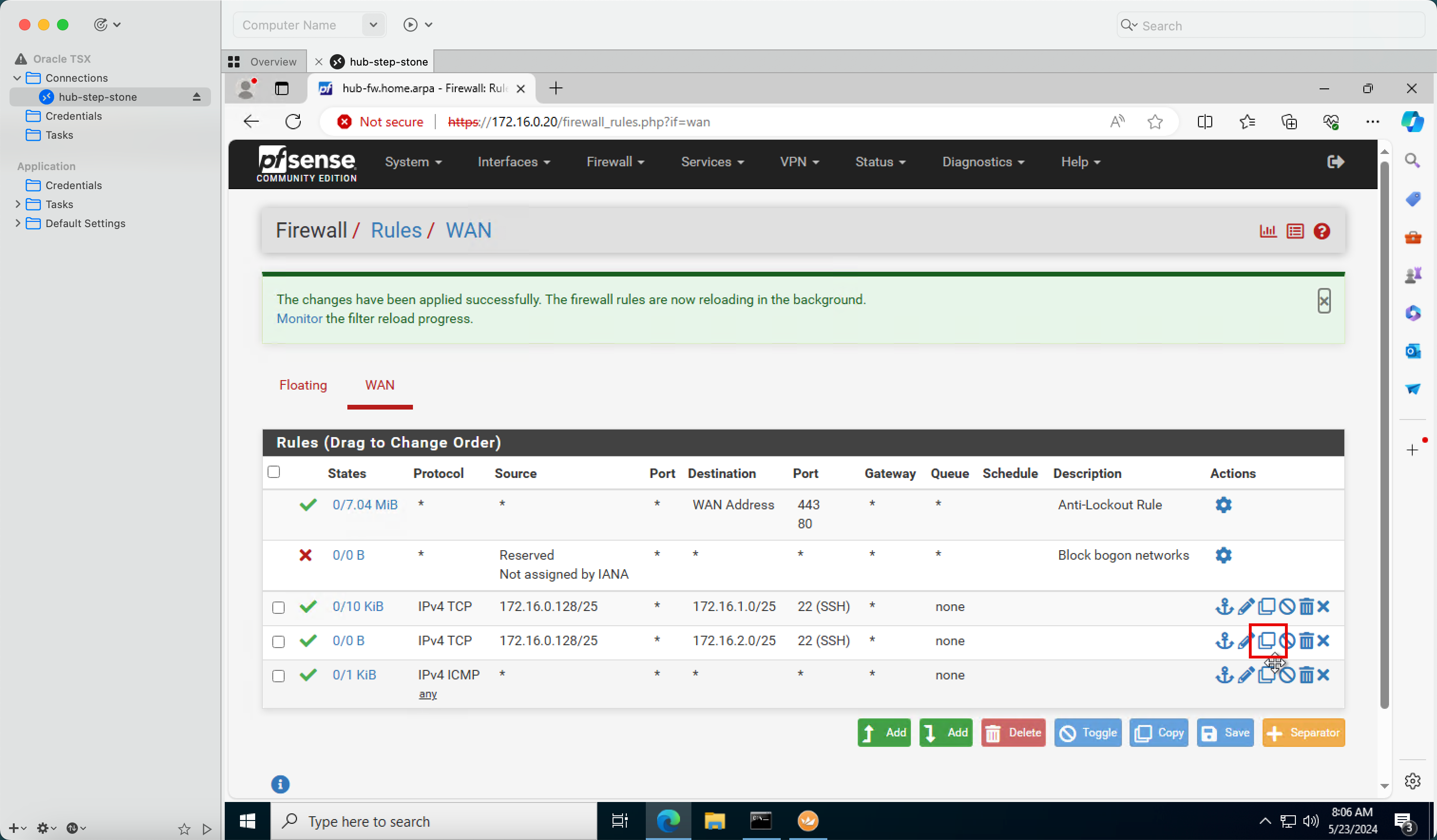

Applicazione delle modifiche completata.

- Connettersi di nuovo alla VCN spoke Un'istanza.

- Si noti che viene inviata una domanda per inserire l'impronta SSH nella cache per l'istanza VCN A poiché questa è la nostra prima connessione in assoluto.

- Fare clic su Sì.

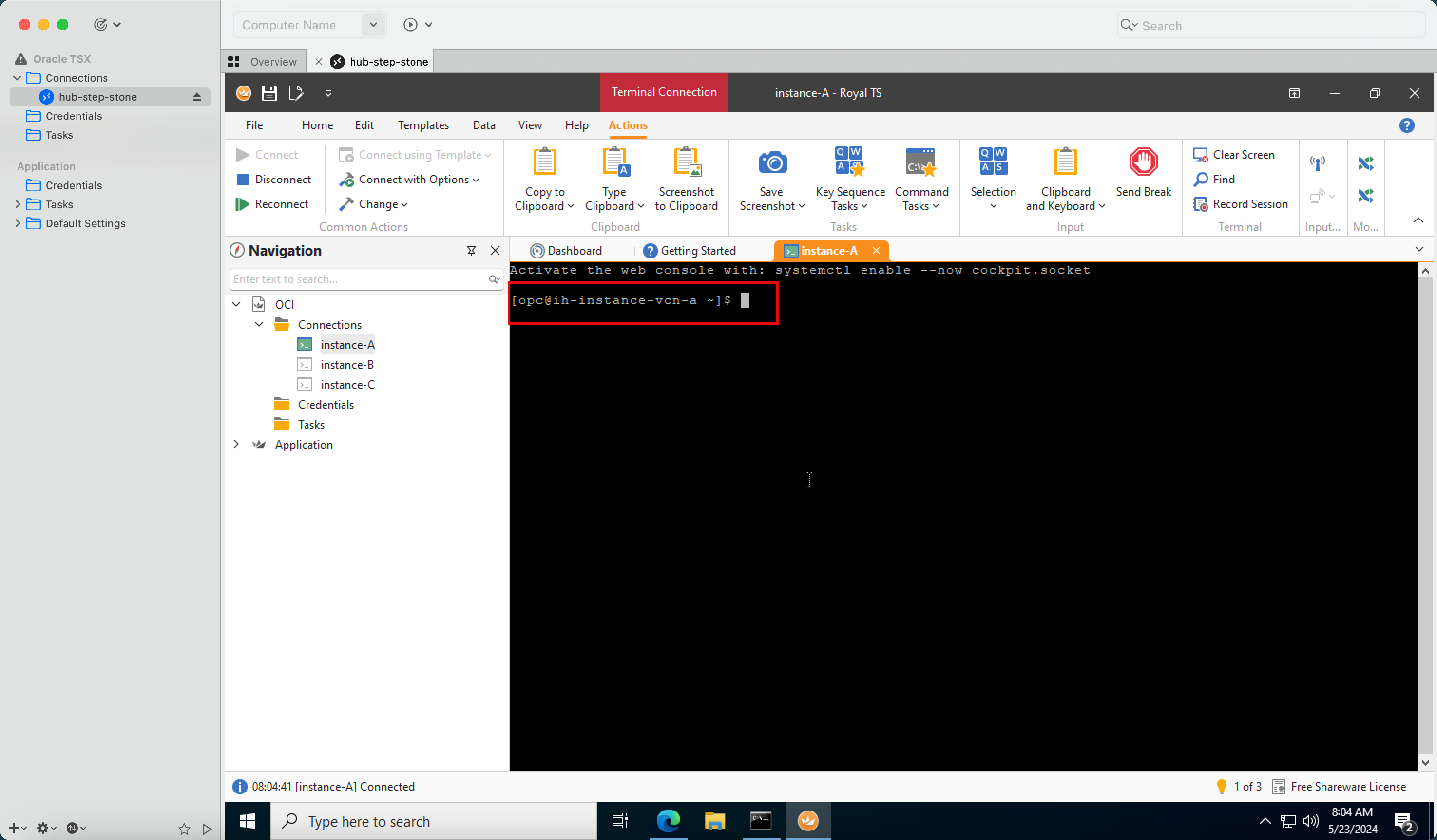

-

Si noti che la connessione dall'hub-step-stone all'istanza spoke A con SSH è ora riuscita.

-

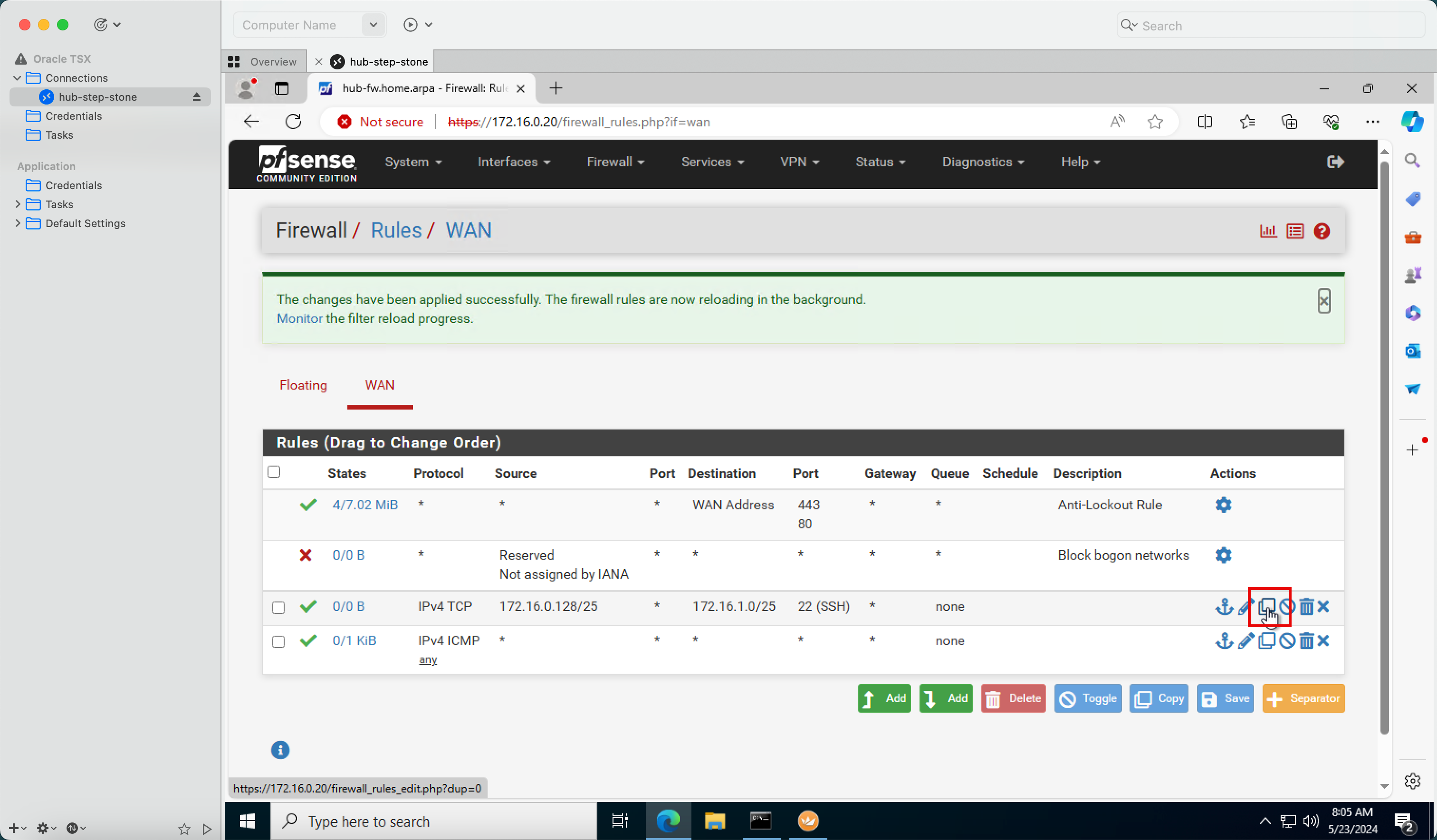

Abbiamo consentito solo la rete spoke A, ma dobbiamo anche aggiungere regole per le reti spoke B e spoke C. Tornare alla console di gestione psSense.

-

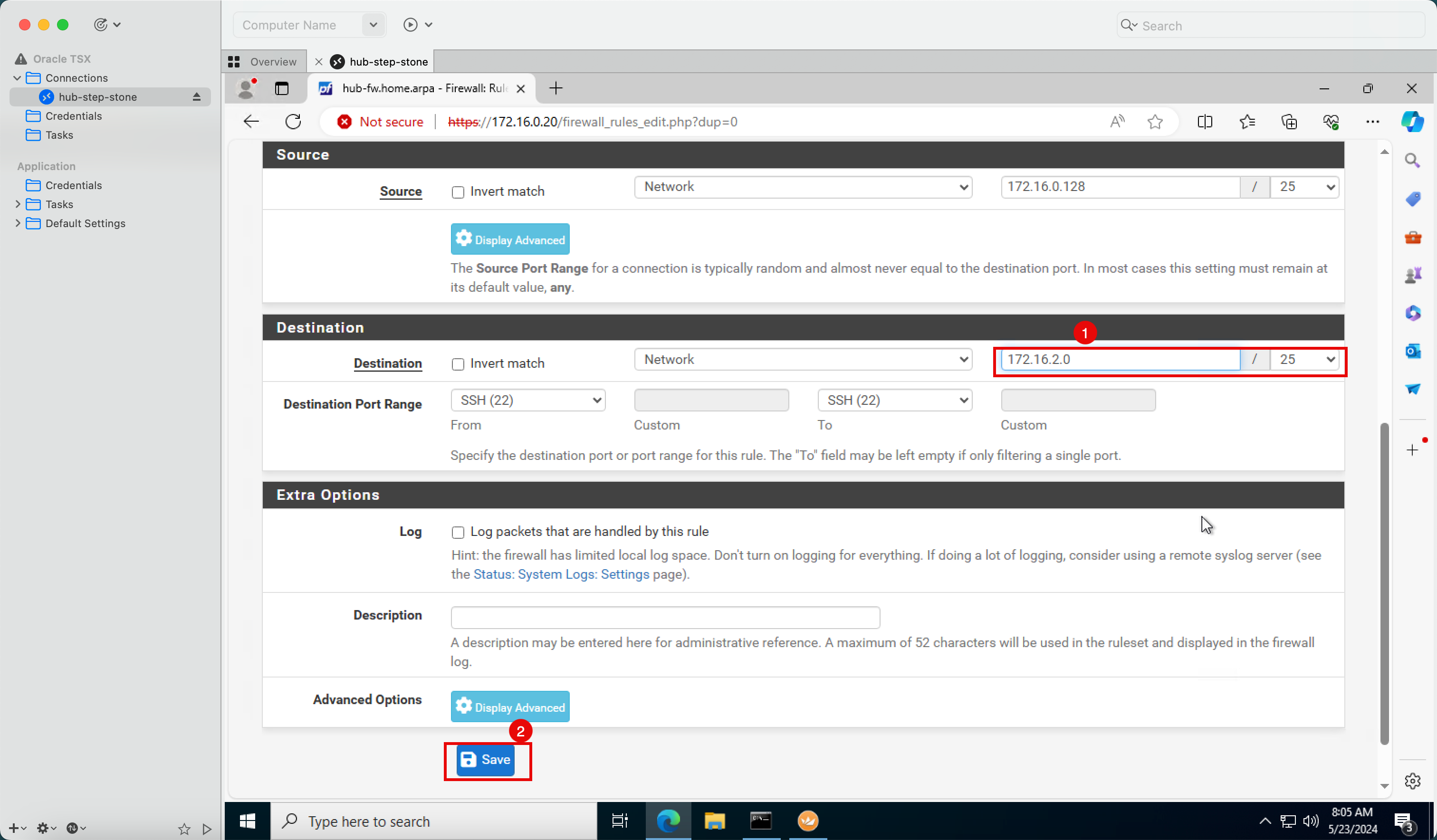

Duplica/copia/duplica la regola creata per consentire al protocollo SSH di accedere alla VCN spoke.

- Modificare la destinazione in

172.16.2.0/25. - Fare clic su Salva.

- Tenere presente che la regola firewall è ora presente per consentire l'accesso SSH alla rete VCN B spoke.

- Fare clic su Applica modifiche.

- Modificare la destinazione in

-

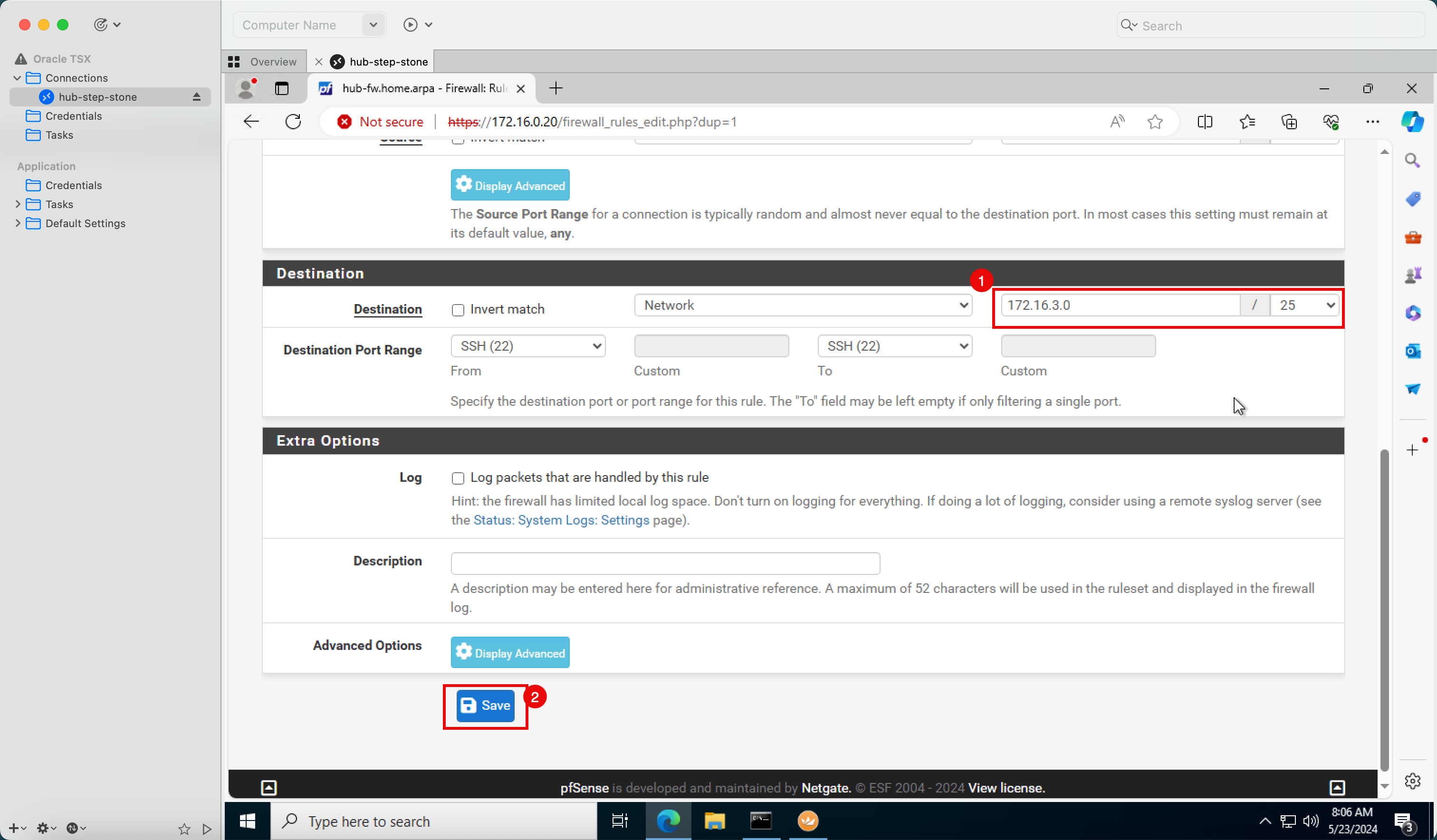

Duplica/copia/duplica la regola creata per consentire al protocollo SSH di accedere alla VCN spoke B.

- Modificare la destinazione in

172.16.3.0/25. - Fare clic su Salva.

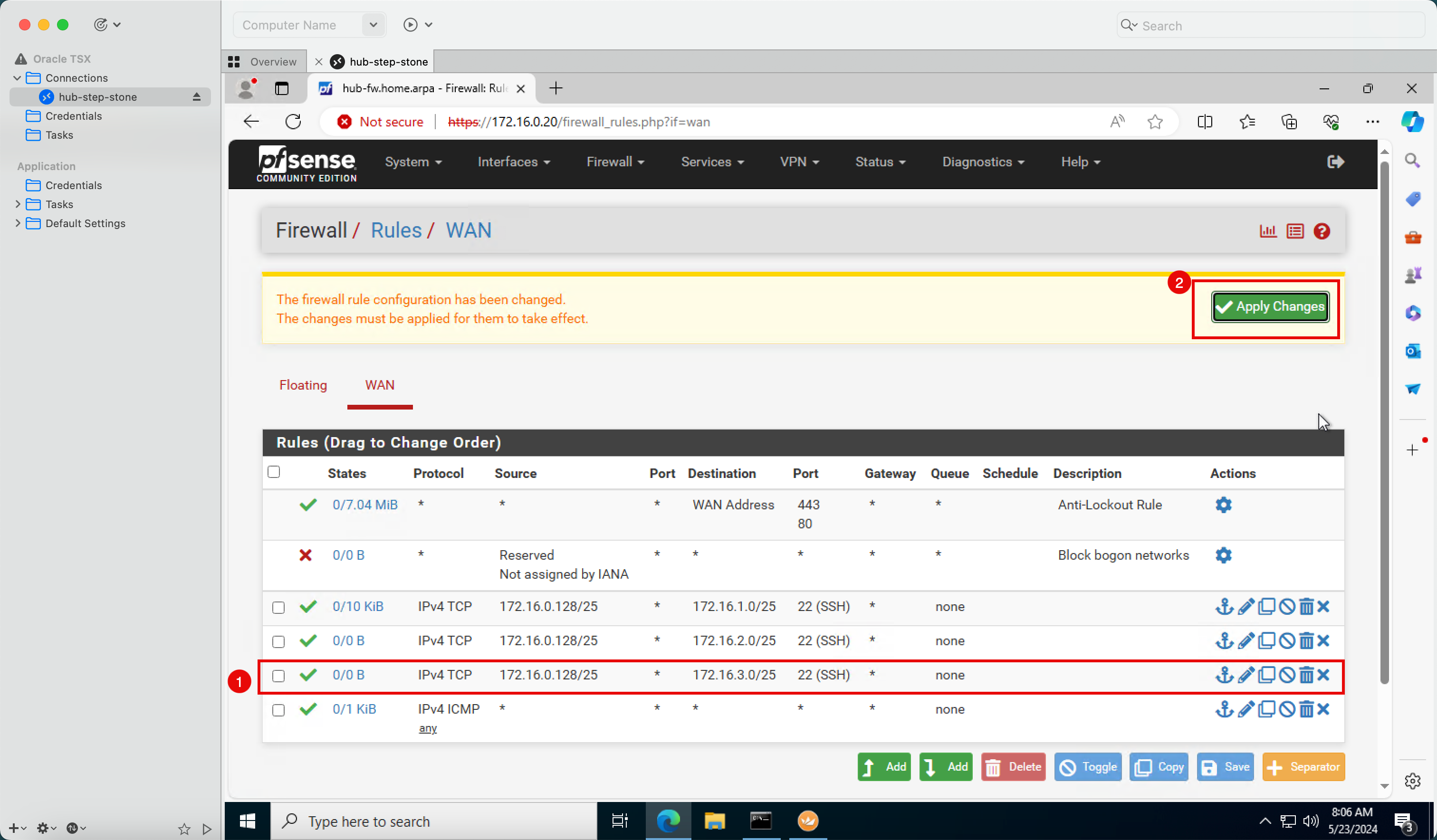

- Tenere presente che la regola firewall è ora presente per consentire l'accesso SSH alla rete C della VCN spoke.

- Fare clic su Applica modifiche.

- Modificare la destinazione in

-

Applicazione delle modifiche completata.

-

Connettersi a tutte le istanze spoke con SSH.

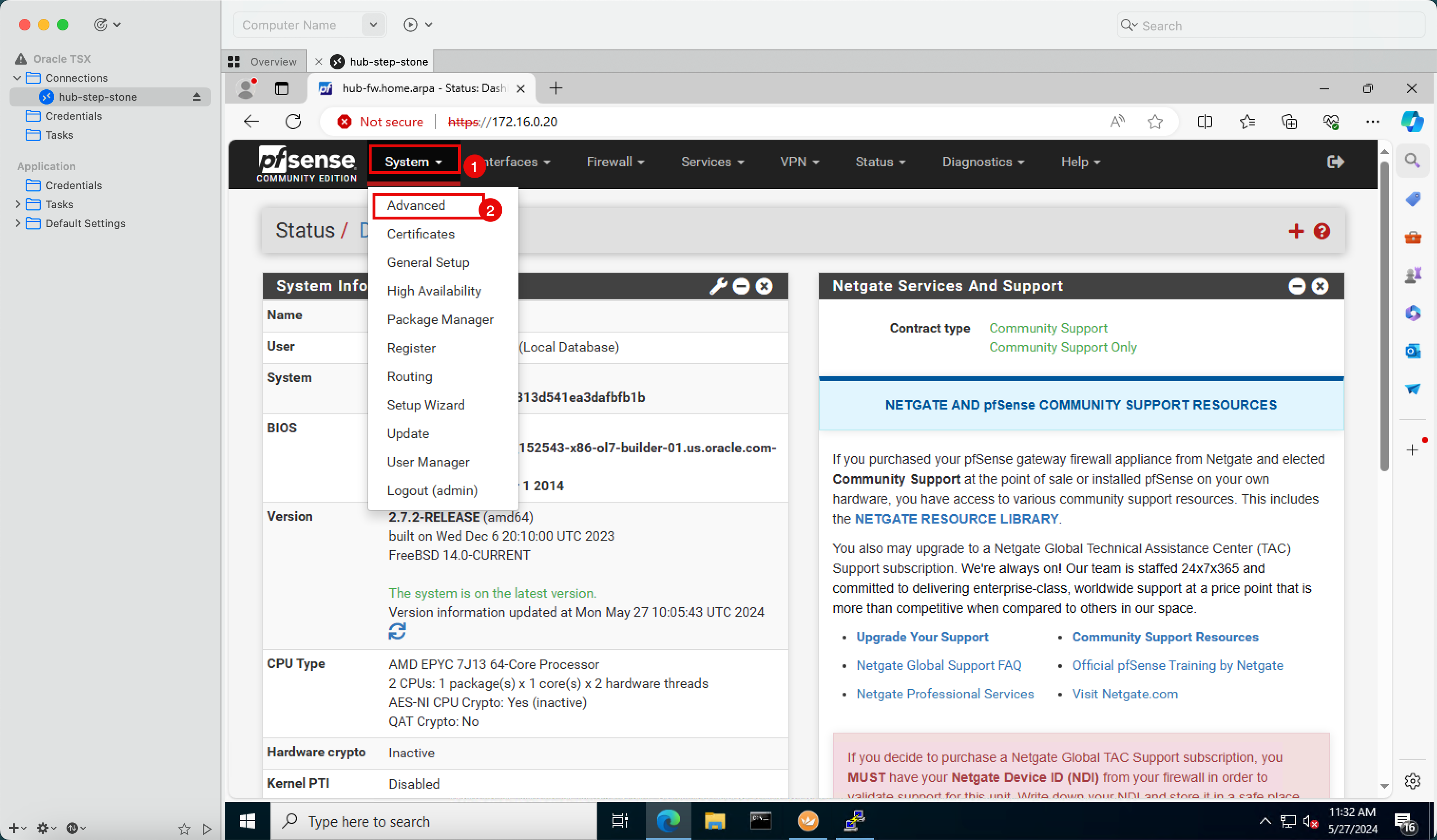

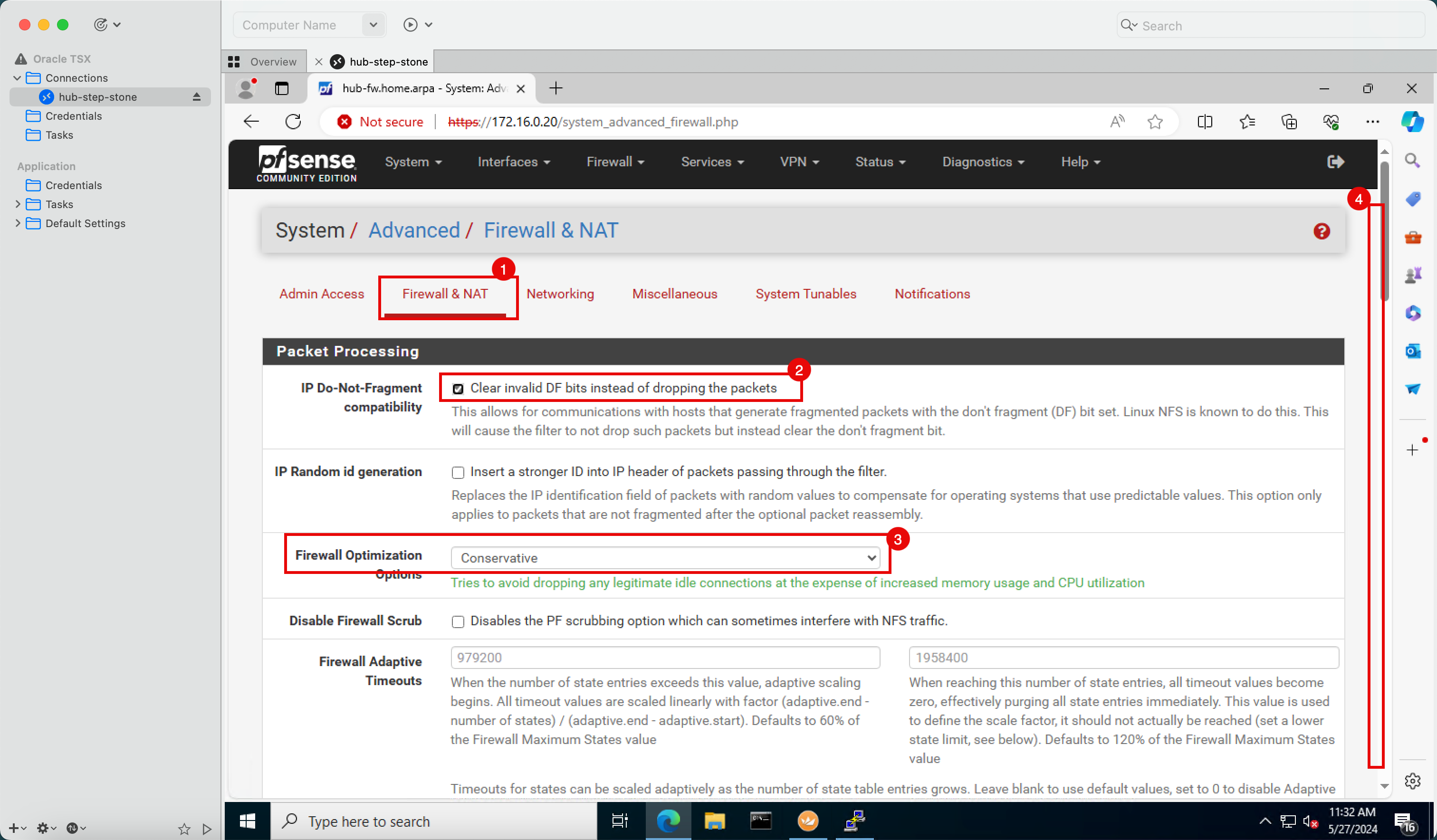

Problema: le sessioni SSH vengono terminate dopo alcuni secondi. Abbiamo notato che le connessioni SSH stavano cadendo dopo circa 10 secondi e abbiamo risolto il problema su più livelli. Abbiamo controllato le liste di sicurezza in OCI, l'instradamento in OCI e le regole del firewall in pfSense. Alla fine, abbiamo scoperto che il problema di eliminazione SSH è correlato a pfSense.

-

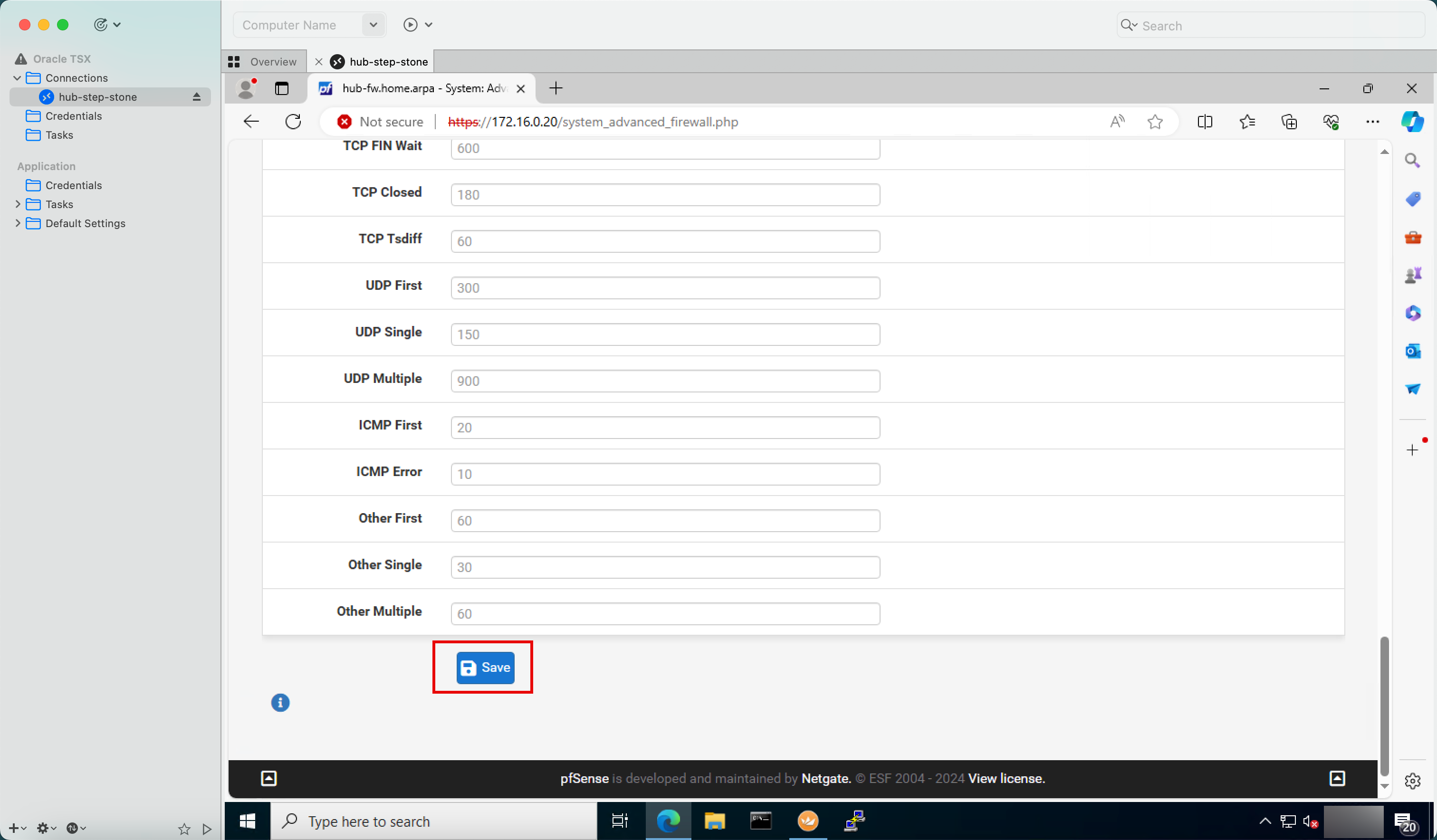

Per risolvere il problema di eliminazione SSH, accedere alla Management Console pfSense.

- Fare clic sul menu a discesa Sistema.

- Fare clic su Avanzate.

- Fare clic su Firewall e NAT.

- Selezionare Cancella bit DF non validi invece di eliminare i pacchetti

- In Ottimizzazione firewall, selezionare Conservativo.

- scorrere in Basso.

-

Fare clic su Salva.

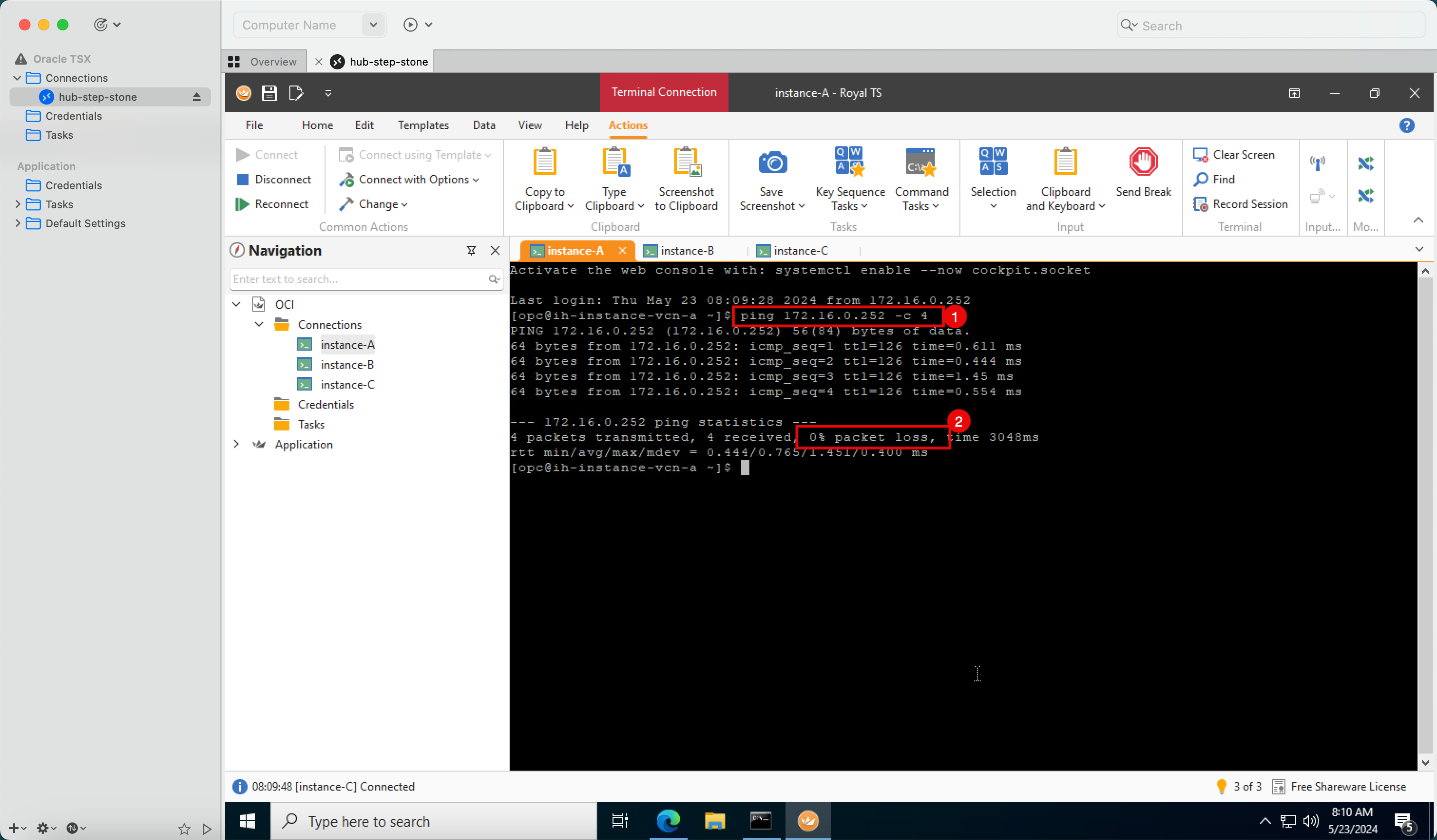

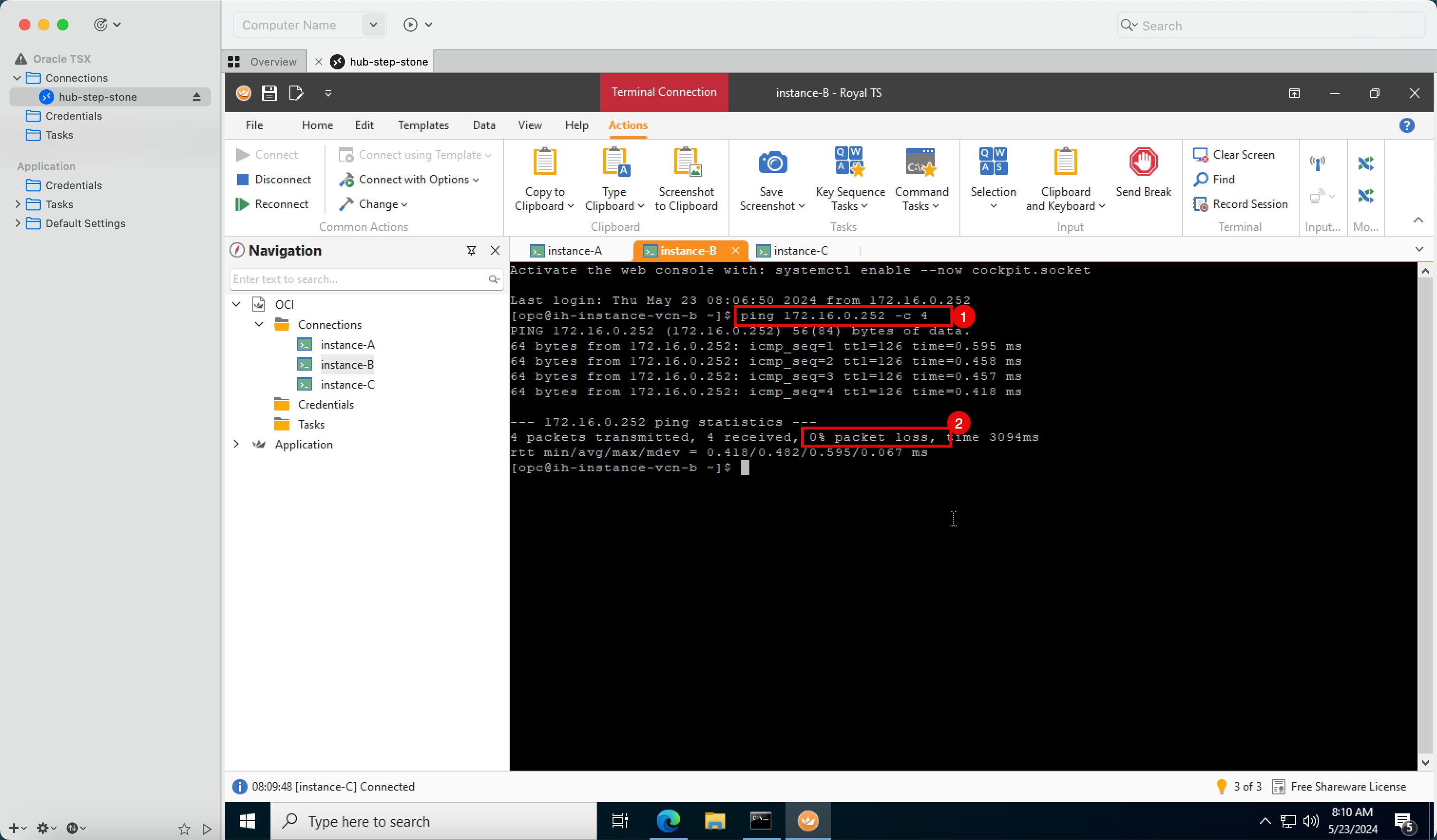

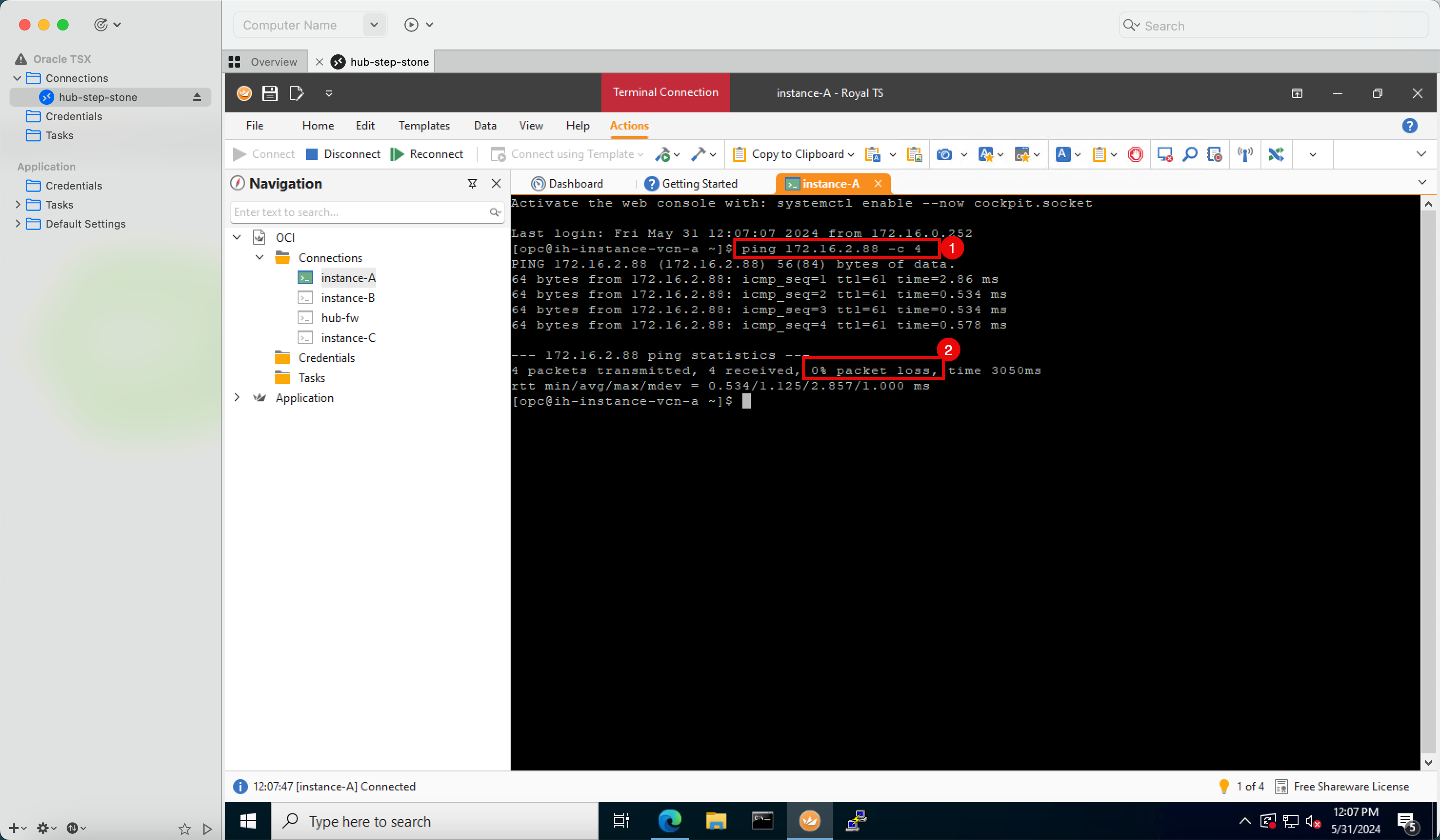

Task 8.4: Ping dalla VCN spoke alla VCN hub

Ora, abbiamo una connessione stabile dagli spoke che possiamo eseguire alcuni test di ping dalle istanze della VCN spoke.

-

A causa della configurazione dell'instradamento:

- Il traffico verrà inviato al DRG.

- Il DRG instraderà quindi il traffico al firewall pfSense.

- Il firewall pfSense consentirà o negherà il traffico in base alle regole firewall configurate.

- Quando il traffico ICMP viene accettato, instrada il traffico verso l'hub-step-stone.

- Eseguire un ping allo step-stone hub dall'istanza VCN spoke A.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping alla milestone hub dall'istanza della VCN spoke B.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping alla milestone hub dall'istanza della VCN spoke C.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

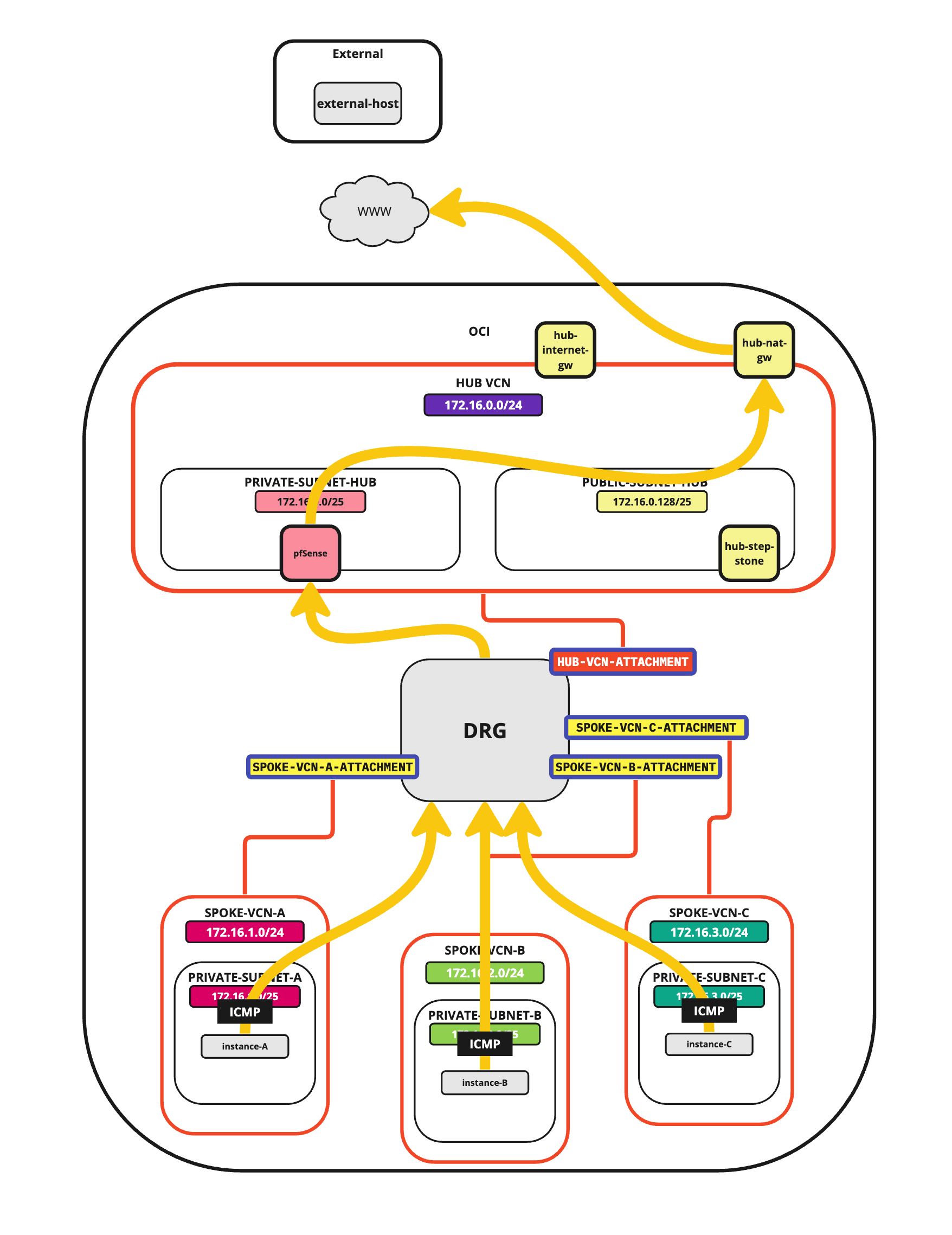

Task 8.5: Ping dalla VCN spoke A alla VCN spoke B

Un altro test di ping che possiamo fare è da uno parlato a un altro parlato.

-

A causa della configurazione dell'instradamento:

- Il traffico verrà inviato al gateway DRG dalla VCN A spoke.

- Il DRG instraderà quindi il traffico al firewall pfSense.

- Il firewall pfSense consentirà o negherà il traffico in base alle regole firewall configurate.

- Quando il traffico ICMP viene accettato, reindirizzerà il traffico al gateway DRG

- Il gateway DRG instrada il traffico alla VCN B spoke.

- Eseguire un ping all'istanza della VCN spoke B dall'istanza della VCN spoke A.

- Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

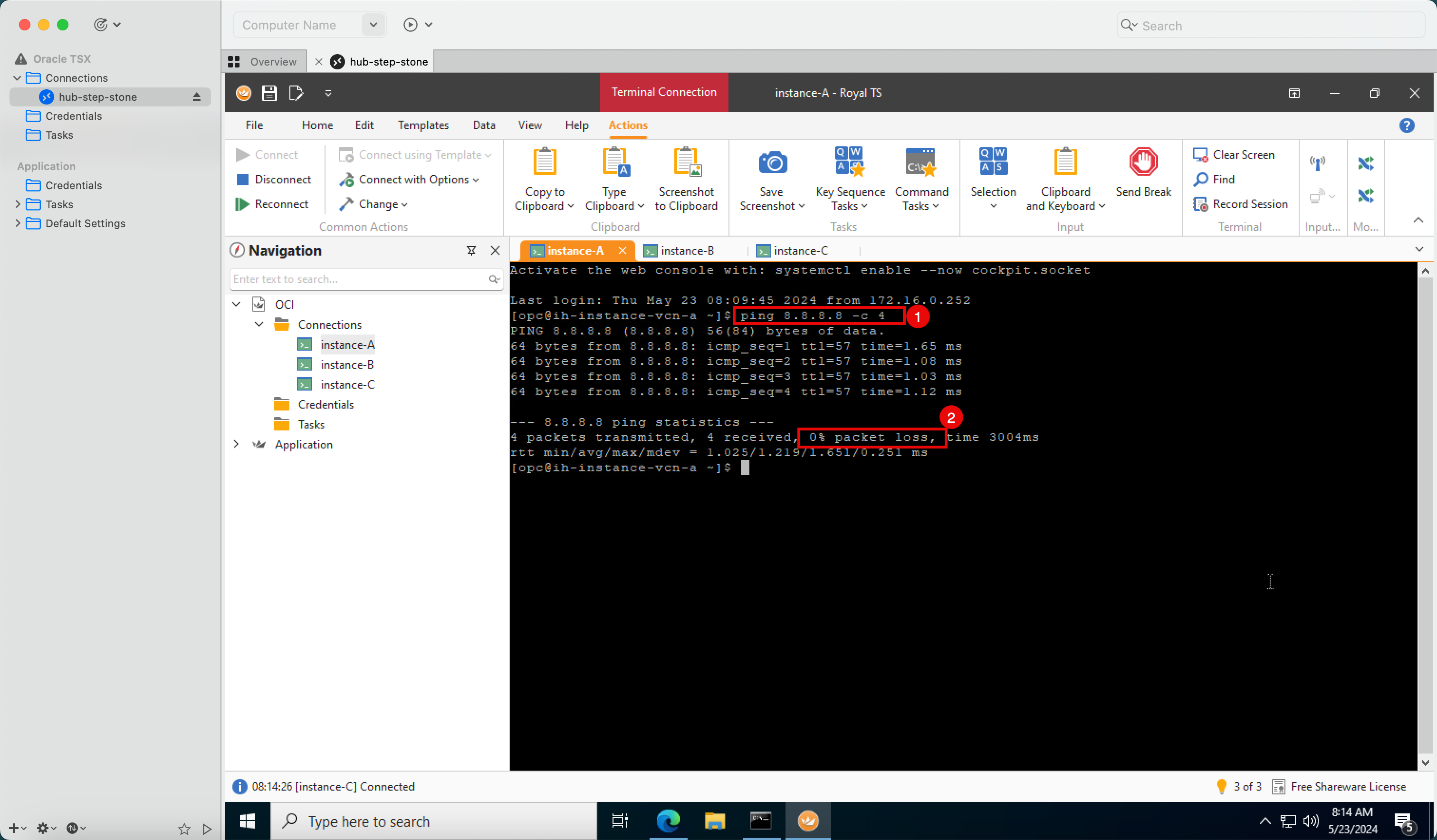

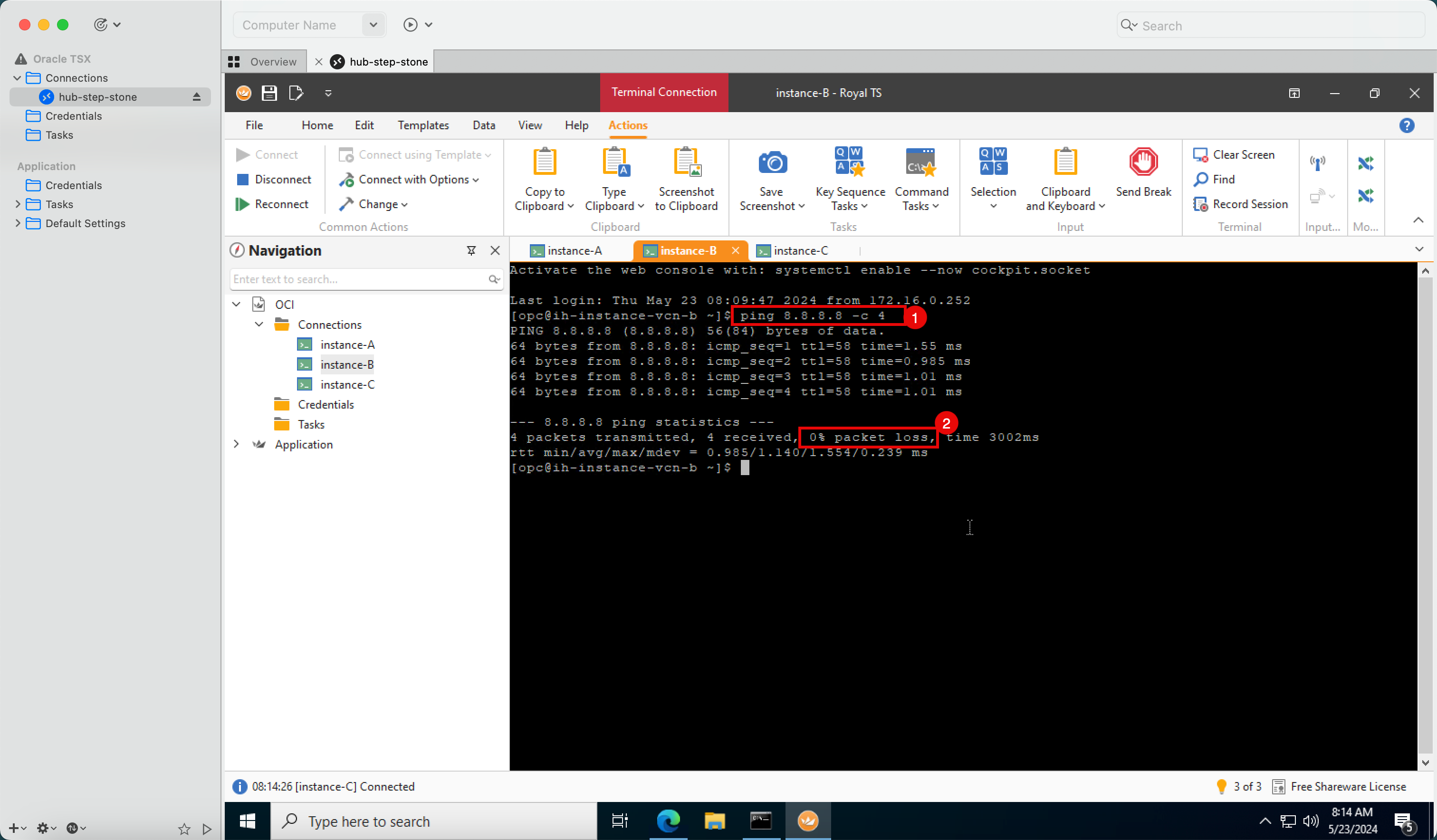

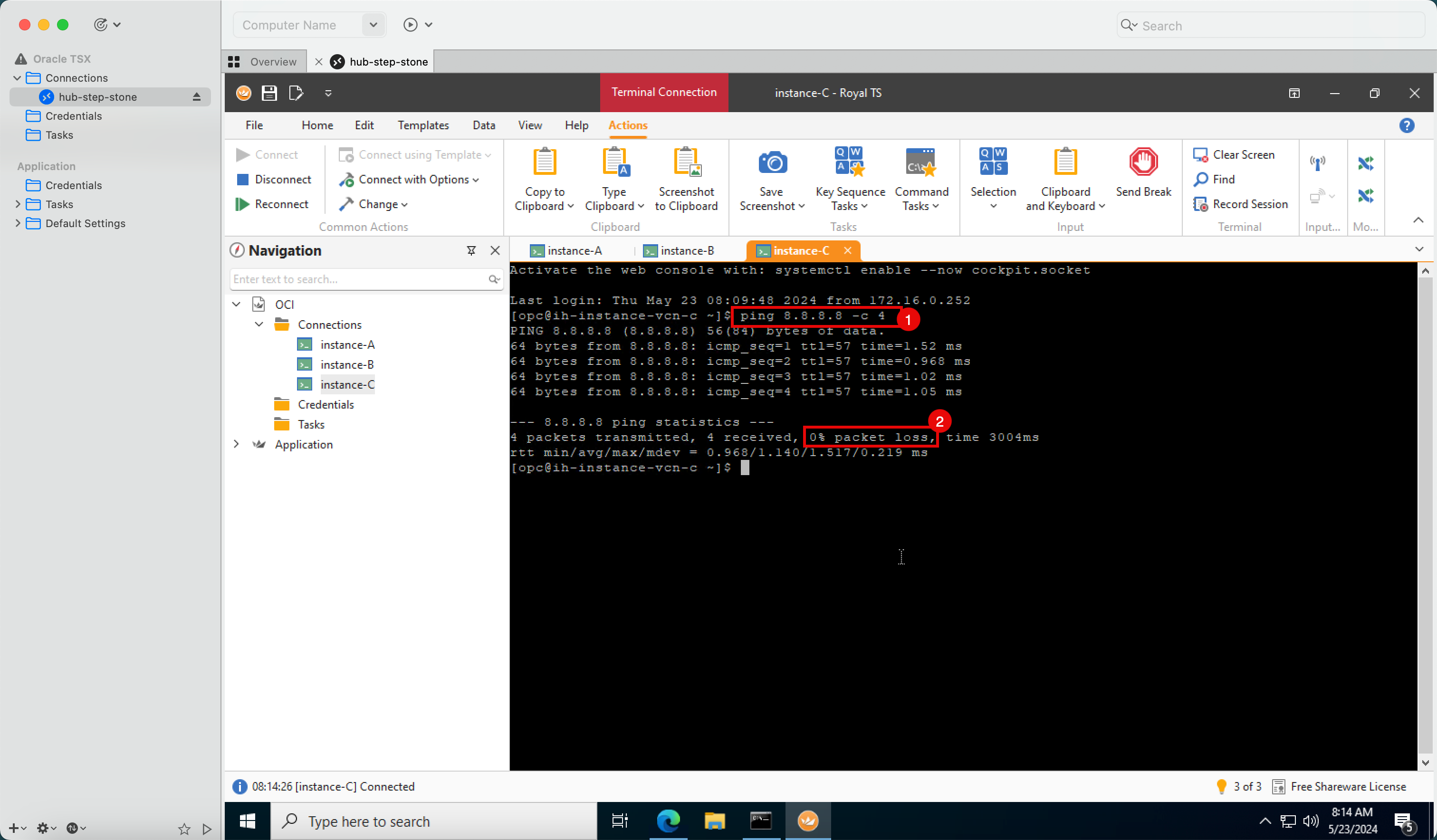

Task 8.6: Ping dalla VCN spoke a Internet

Eseguire alcuni test di ping dalle istanze della VCN spoke verso Internet.

-

A causa della configurazione dell'instradamento:

- Il traffico verrà inviato al DRG.

- Il DRG instraderà quindi il traffico al firewall pfSense.

- il firewall pfSense consentirà o negherà il traffico in base alle regole firewall configurate.

- Quando il traffico ICMP viene accettato, instrada il traffico al gateway NAT.

- Il gateway NAT instraderà il traffico verso Internet.

- Eseguire un ping al server DNS

8.8.8.8di Google dall'istanza VCN spoke A. - Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping al server DNS

8.8.8.8di Google dall'istanza della VCN spoke B. - Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

- Eseguire un ping al server DNS

8.8.8.8di Google dall'istanza della VCN spoke C. - Si noti che abbiamo lo 0% di perdita di pacchetti in modo che il ping ha successo.

Task 8.7: connessione dalla VCN spoke a Internet

Abbiamo fatto un test di ping di base. Ora, dobbiamo aprire la lista di sicurezza in entrata della VCN hub per consentire tutto il traffico TCP verso Internet perché la nostra ispezione del firewall è eseguita dal firewall pfSense e non ha senso avere più livelli di sicurezza del firewall a meno che questo non sia il requisito.

Aggiorna la lista di sicurezza della VCN hub

Andare alla console OCI, fare clic su Networking e Reti cloud virtuali.

-

Fare clic sulla VCN hub.

- Fare clic su Elenchi di sicurezza.

- Fare clic sulla lista di sicurezza predefinita per la VCN HUB.

-

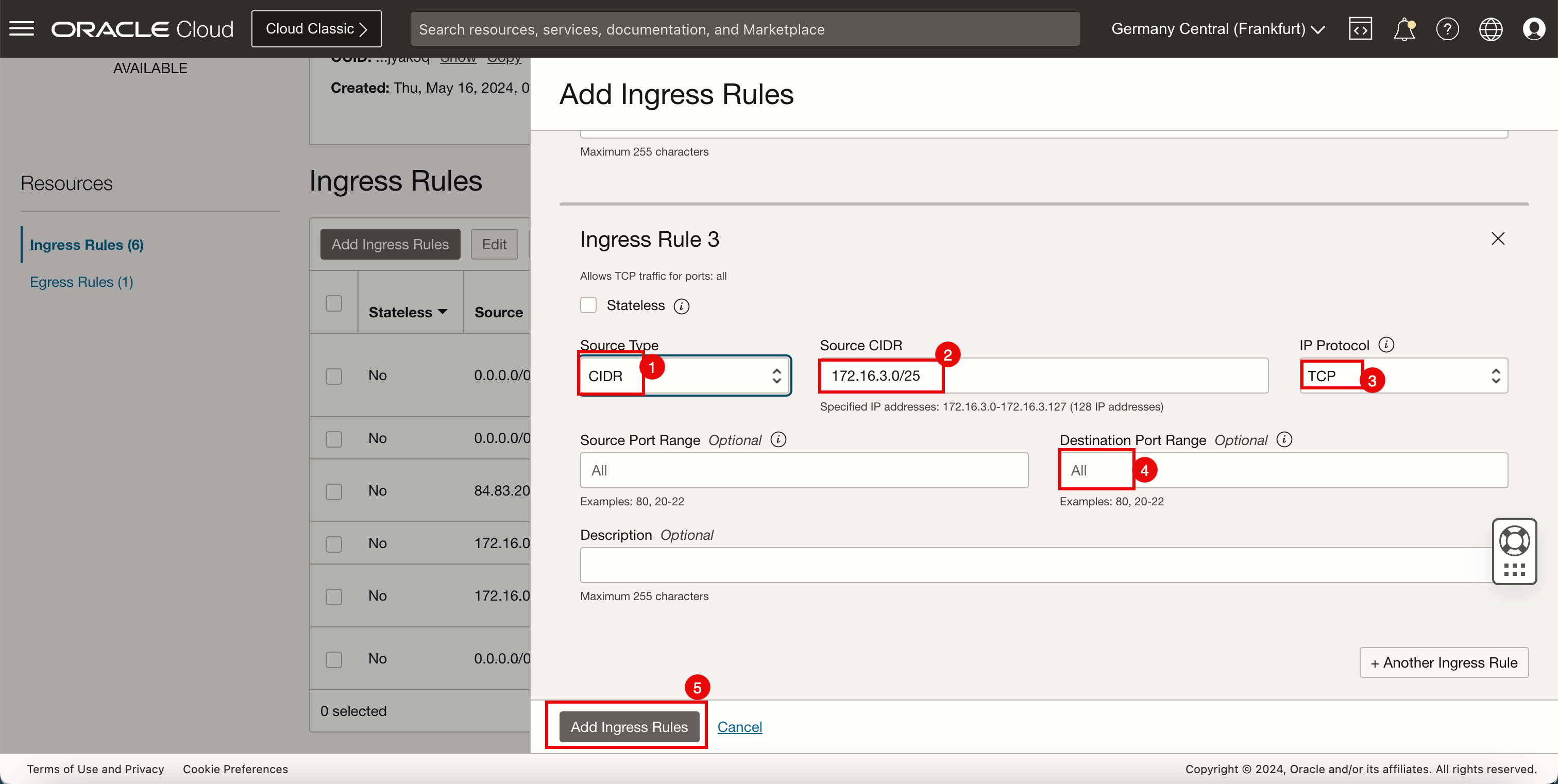

Fare clic su Aggiungi regole di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

172.16.1.0/25. - In IP Protocol, selezionare TCP.

- In Intervallo porte destinazione, immettere All.

- Fare clic su + Altra regola di entrata.

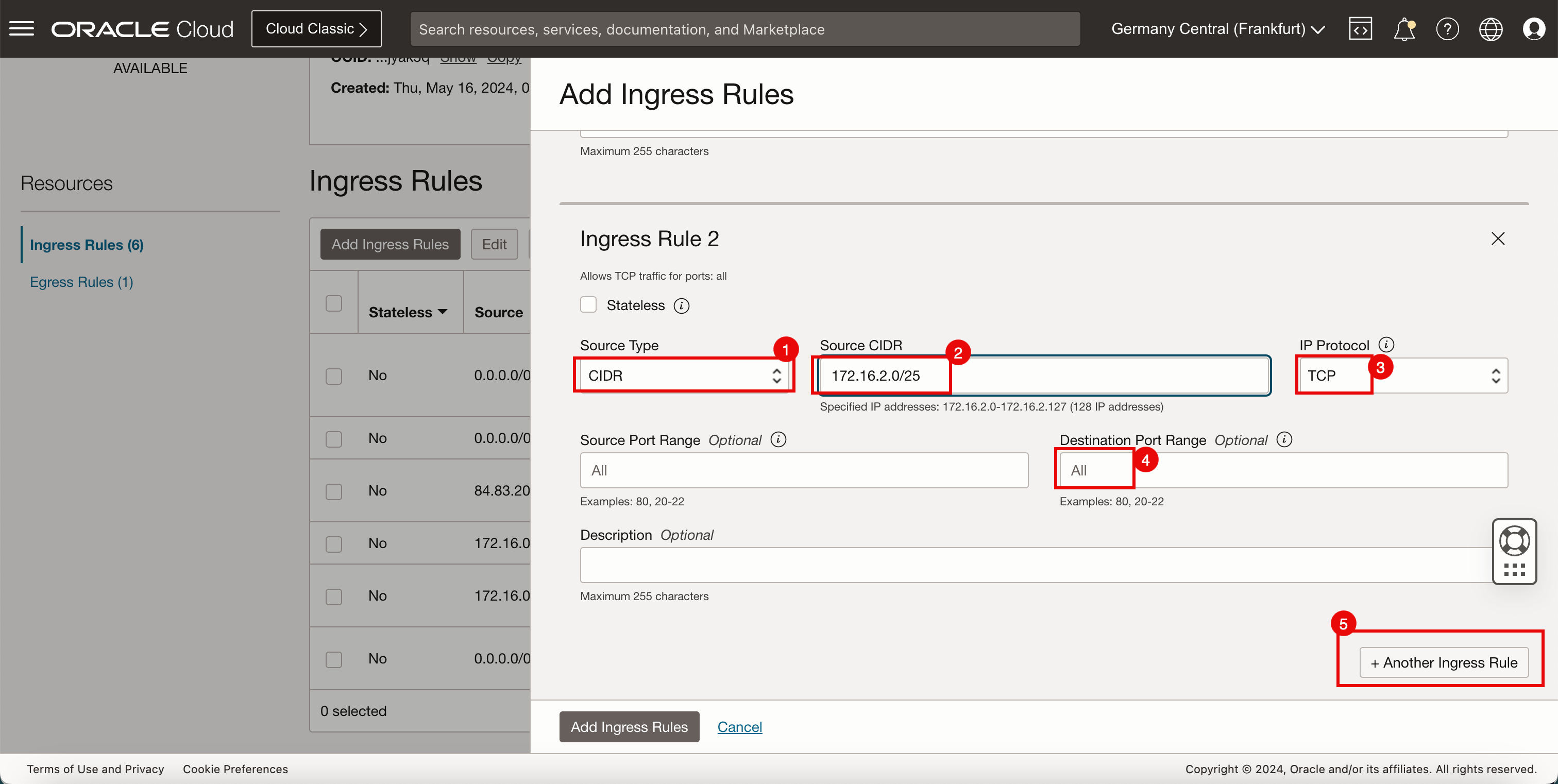

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

172.16.2.0/25. - In IP Protocol, selezionare TCP.

- In Intervallo porte destinazione, immettere All.

- Fare clic su + Altra regola di entrata.

- In Tipo di origine, selezionare CIDR.

- In CIDR di origine, immettere

172.16.3.0/25. - In IP Protocol, selezionare TCP.

- In Intervallo porte destinazione, immettere All.

- Fare clic su + Altra regola di entrata.

-

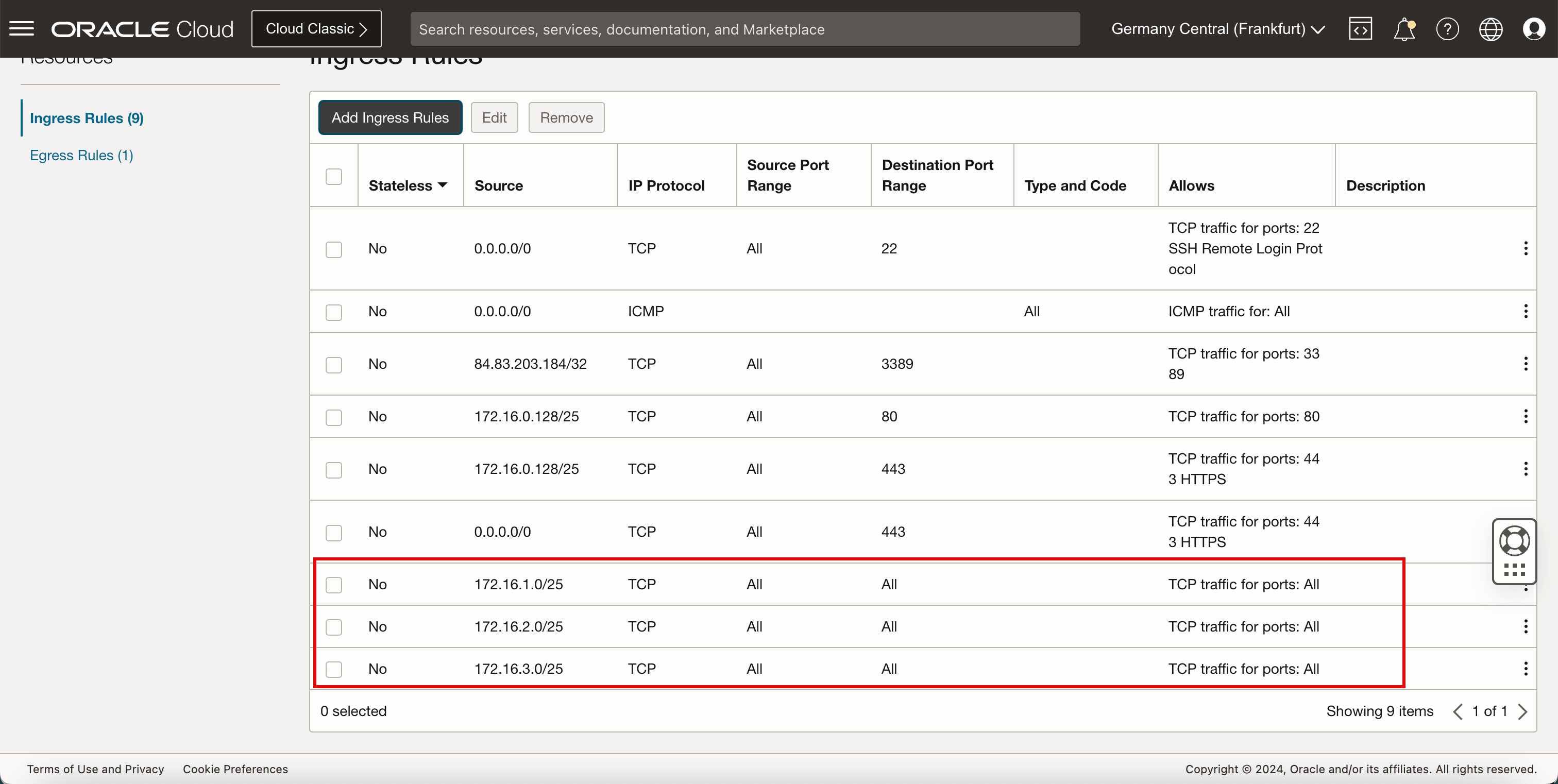

Si noti che tutte le regole sono presenti.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

Verificare il firewall pfSense

-

Per semplificare i test, abbiamo aggiunto una regola al firewall pfSense per consentire tutto il traffico.

-

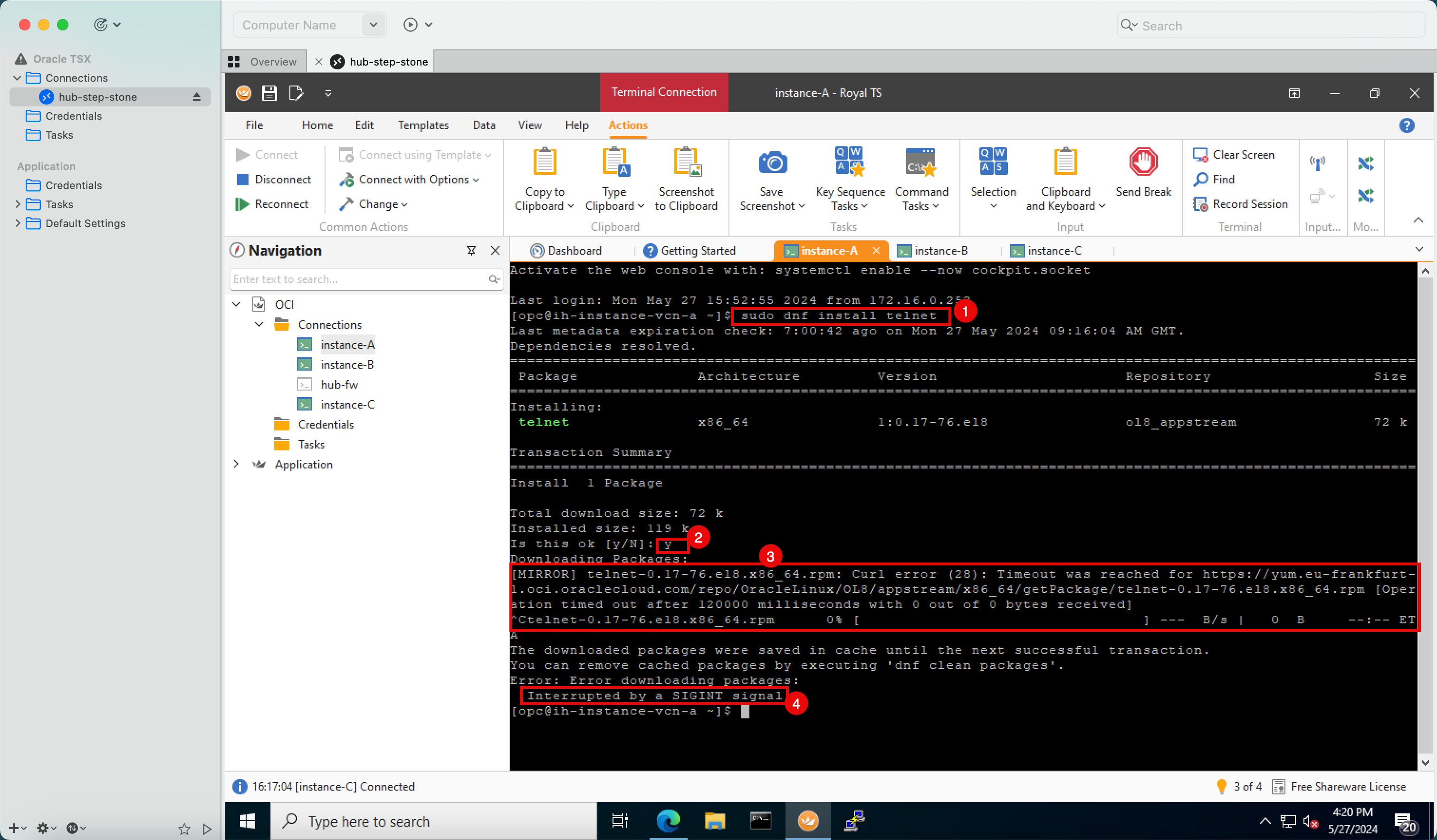

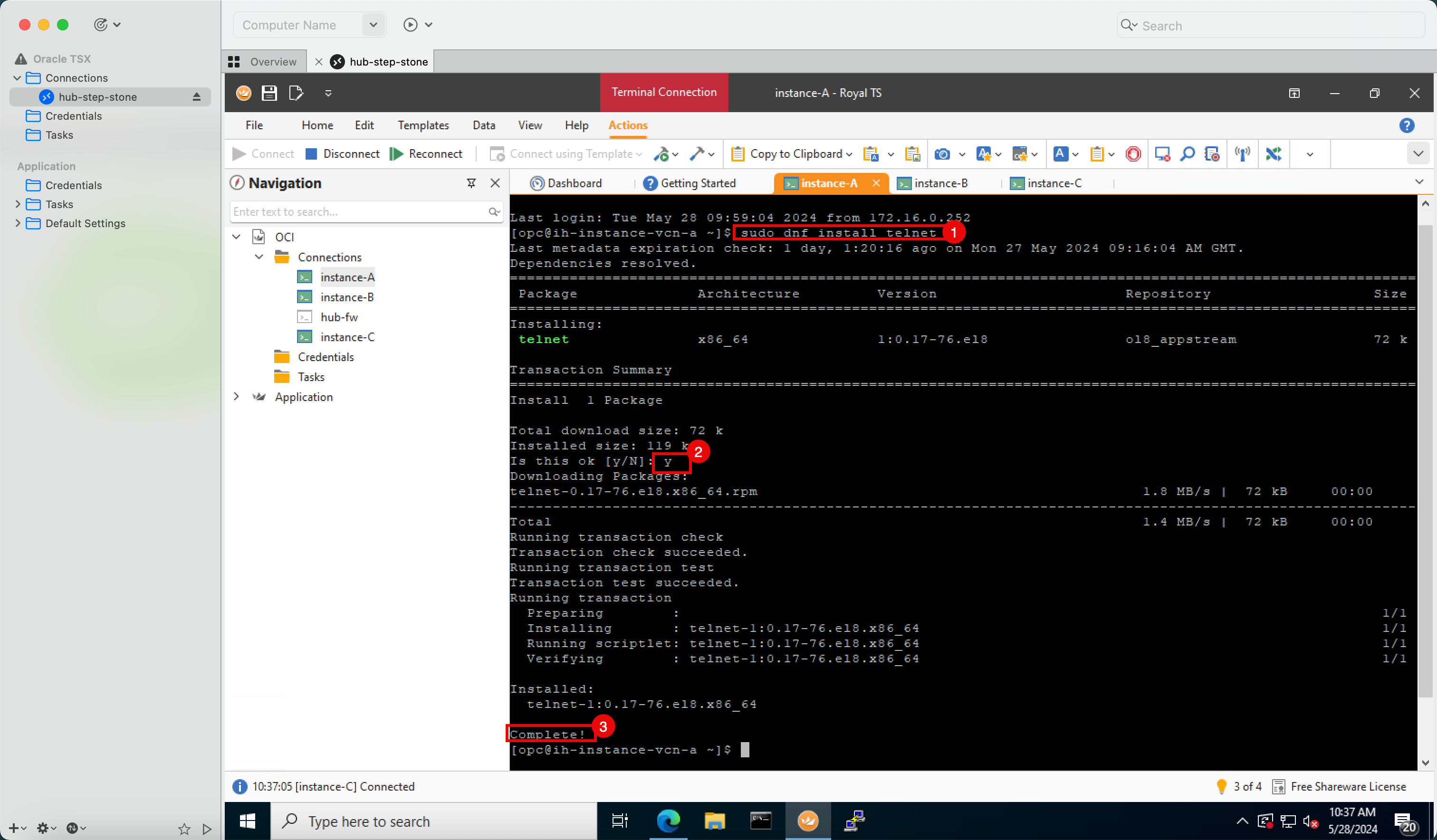

È possibile installare una semplice applicazione sull'istanza della VCN spoke A denominata Telnet.

- Eseguire il comando

sudo dnf install telnetper installare Telnet nell'istanza della VCN A spoke. - In È corretto immettere Y.

- Si noti che il timeout della connessione è in corso.

- Fare clic su CTRL + C per arrestare la richiesta.

- Eseguire il comando

L'installazione e l'aggiornamento del software o un'istanza di computazione basata su Oracle Linux non vengono eseguiti tramite Internet.

Per installare il software su un'istanza Oracle Linux, Oracle consente di eseguire questa operazione solo dai propri repository software e questi sono raggiungibili utilizzando il gateway di servizi.

Il nostro compito successivo e ultimo è quello di creare un gateway di servizi e configurare l'instradamento per instradare il traffico per i servizi Oracle attraverso tale nuovo gateway di servizi.

Task 8.8: consentire alle istanze Linux di installare e aggiornare il software utilizzando il gateway del servizio

Non è stato ancora configurato l'instradamento per i servizi OCI.

-

Dopo aver configurato il routing:

- Il traffico verrà inviato al DRG.

- Il gateway DRG instraderà quindi il traffico al gateway del servizio.

- Inoltre, il gateway del servizio instraderà il traffico verso la rete dei servizi OCI.

-

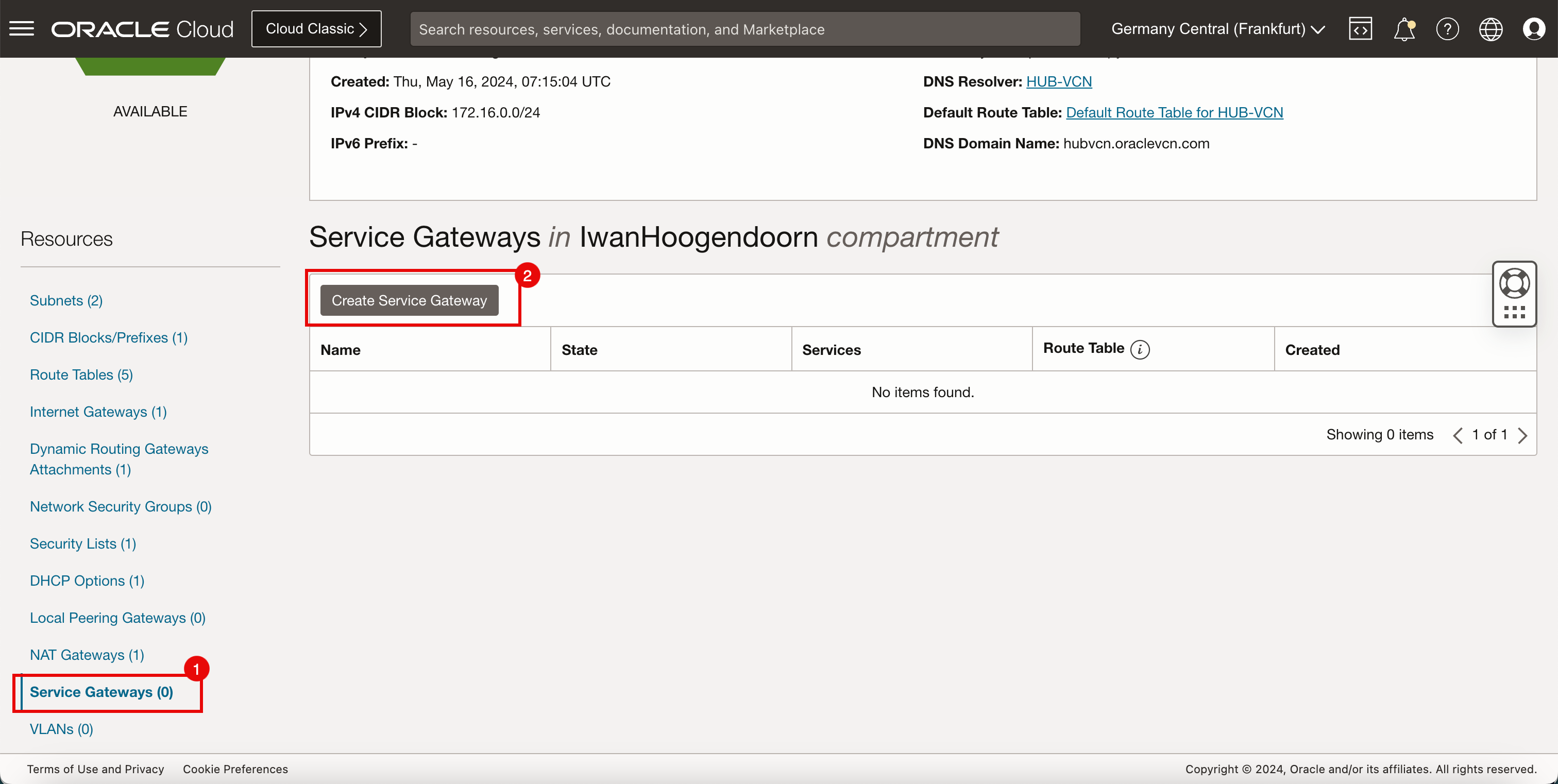

Per configurare l'instradamento, andare alla console OCI, fare clic sul menu hamburger nell'angolo in alto a sinistra, Networking e Reti cloud virtuali.

-

Fare clic su VCN hub.

- Fare clic su Gateway del servizio.

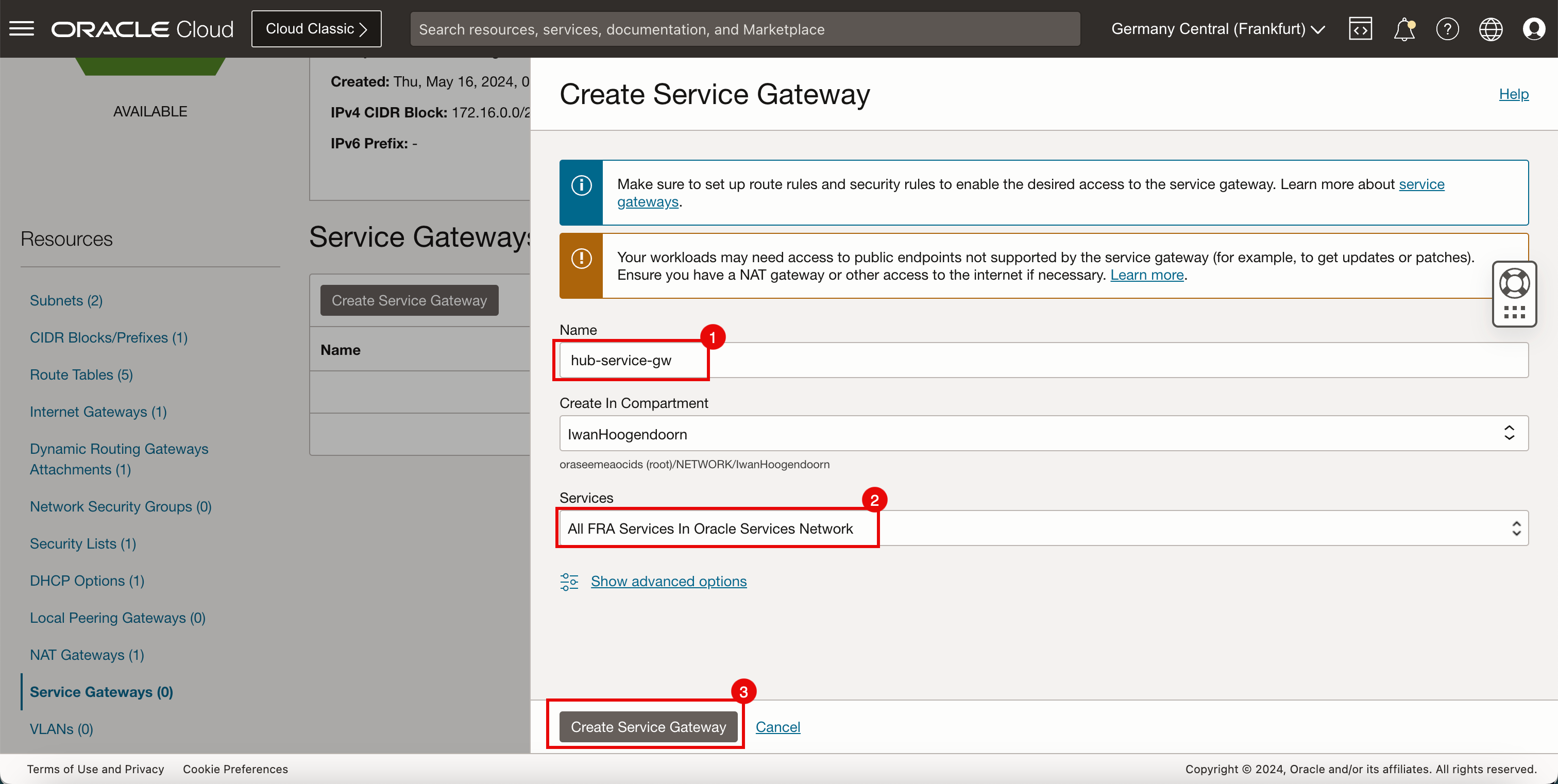

- Fare clic su Crea gateway del servizio.

- Immettere il nome per il gateway del servizio.

- In Servizi, selezionare Tutti i servizi in Oracle Services Network.

- Fare clic su Crea gateway del servizio.

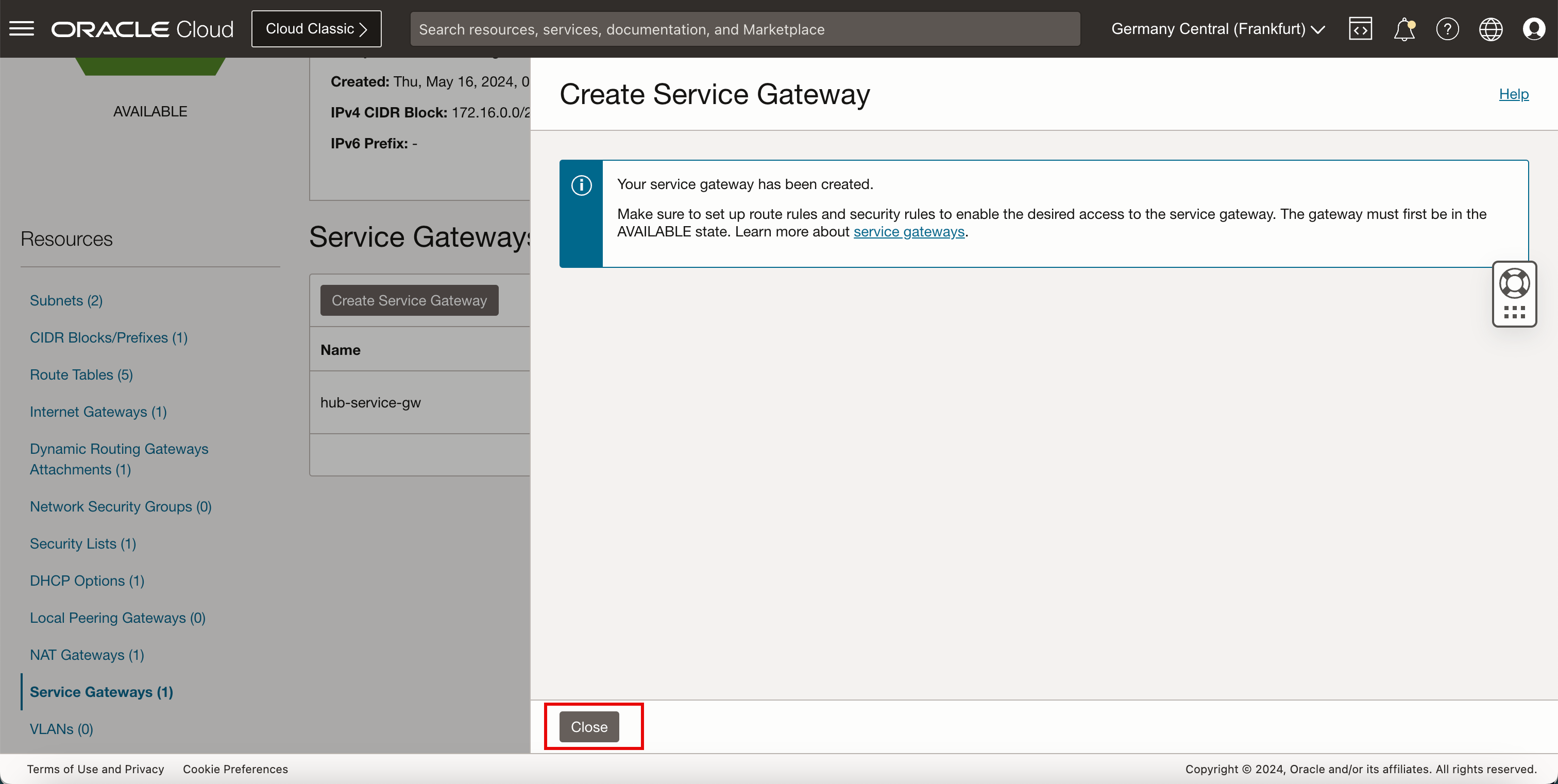

-

Fare clic su Chiudi.

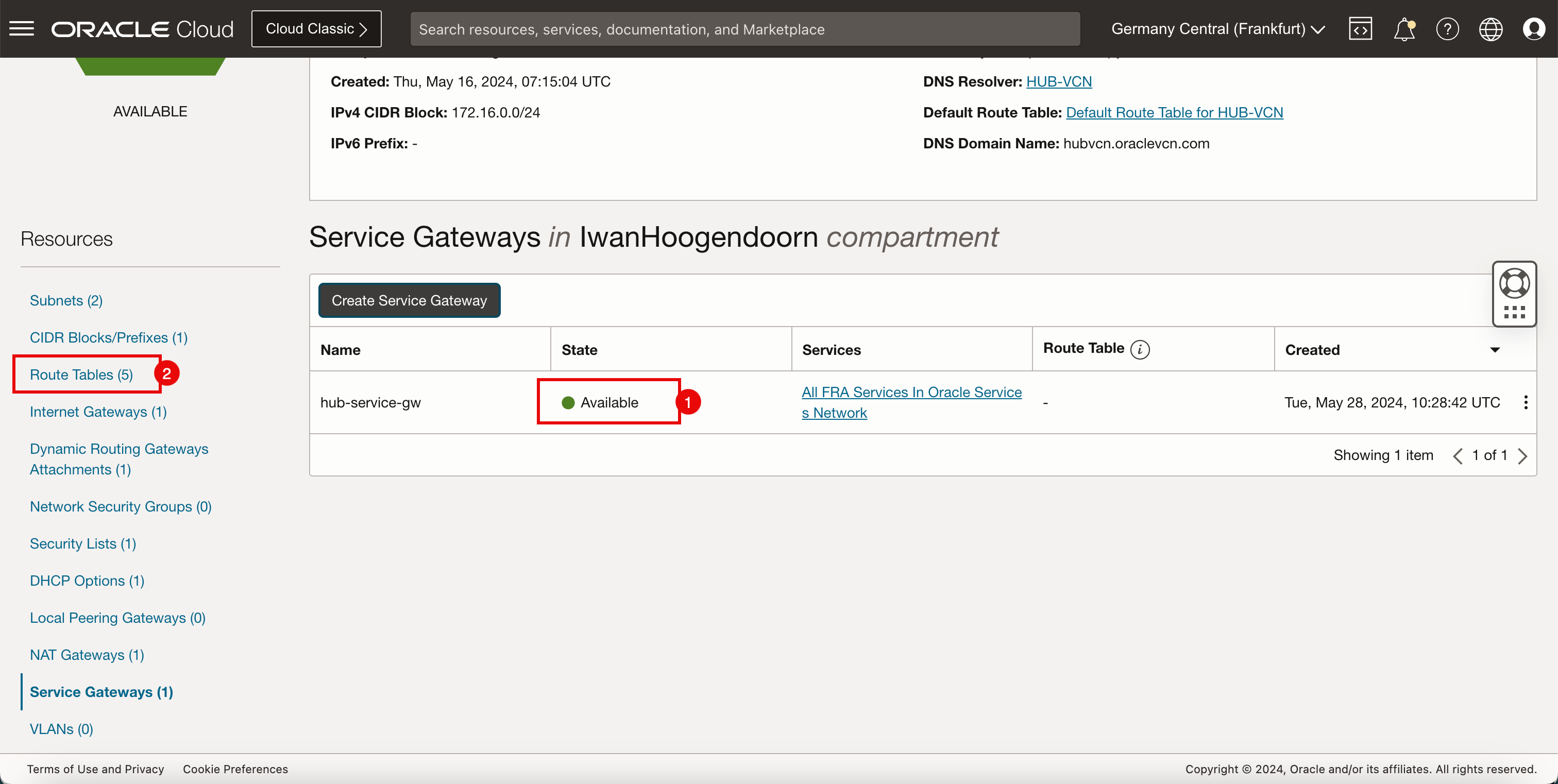

- Tenere presente che il gateway dei servizi è disponibile.

- Fare clic su Tabelle di instradamento.

-

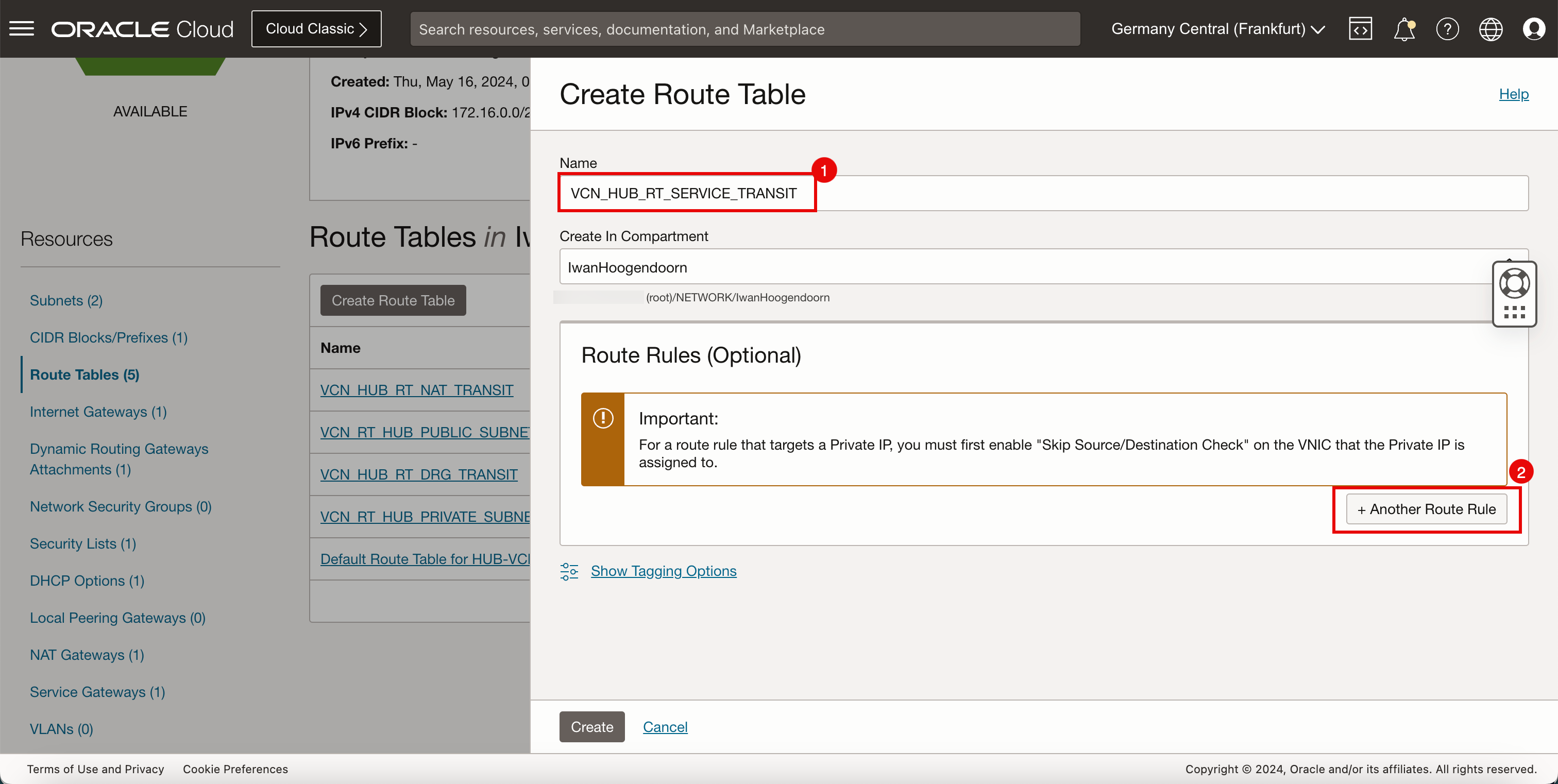

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

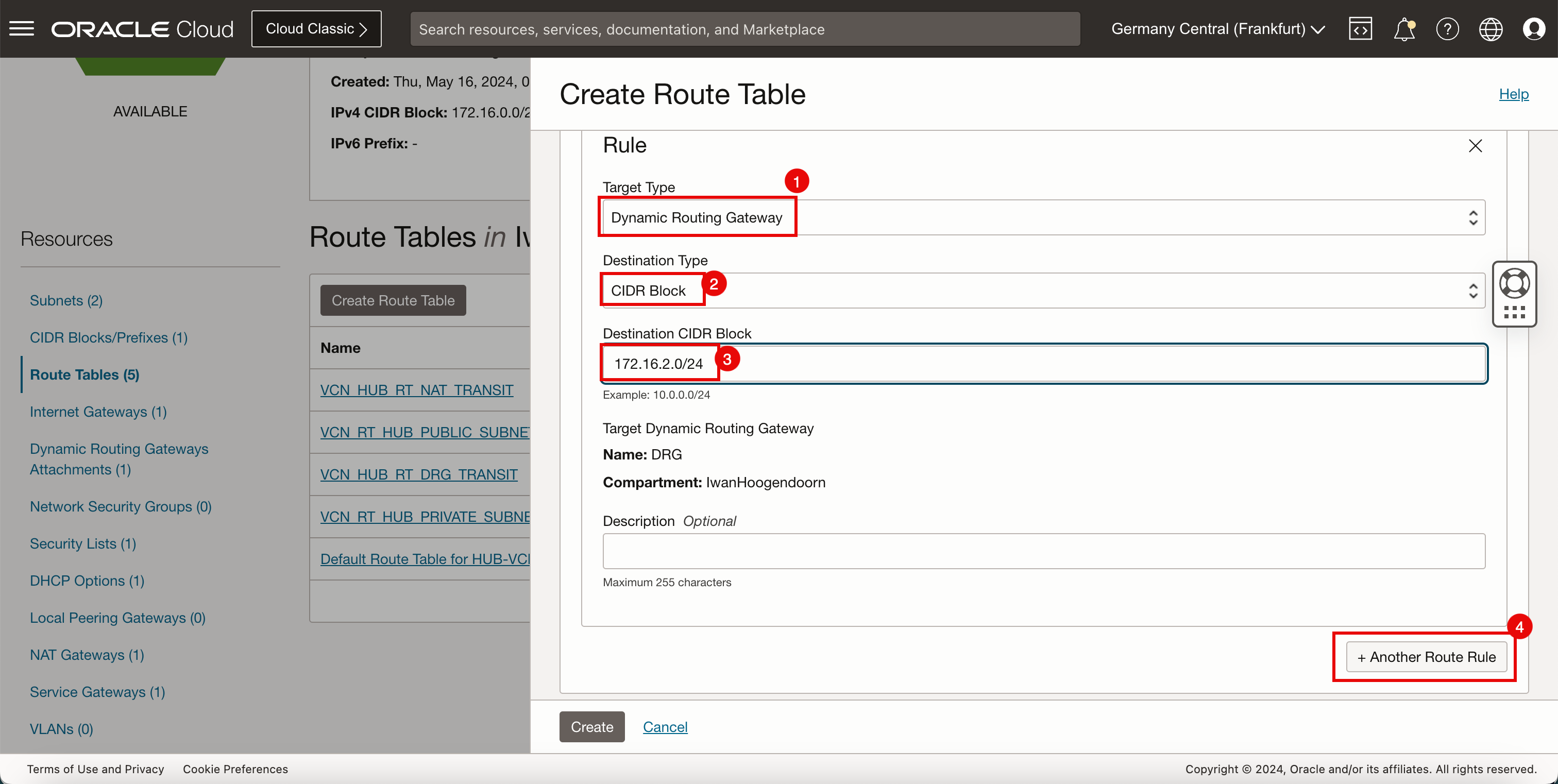

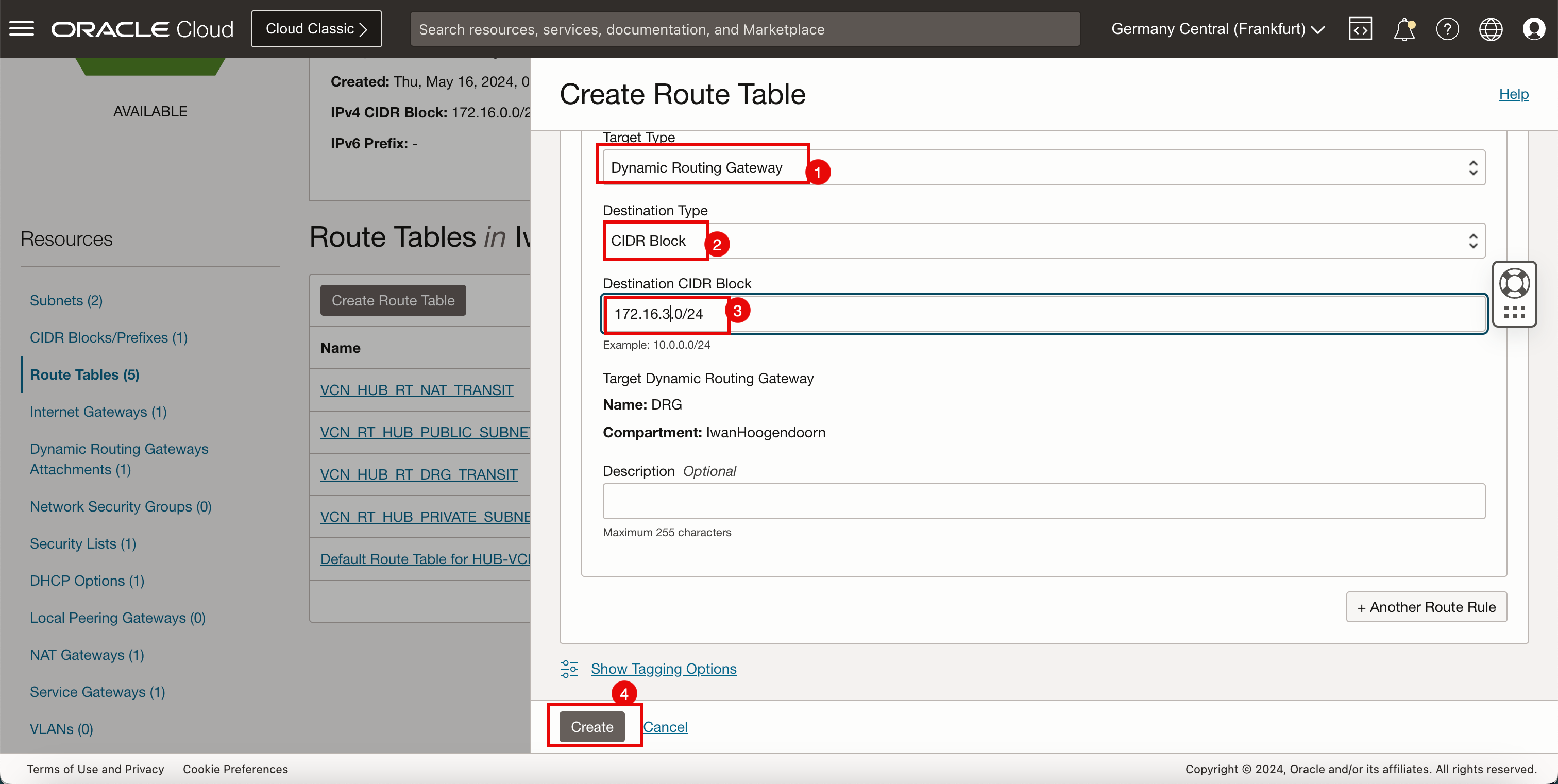

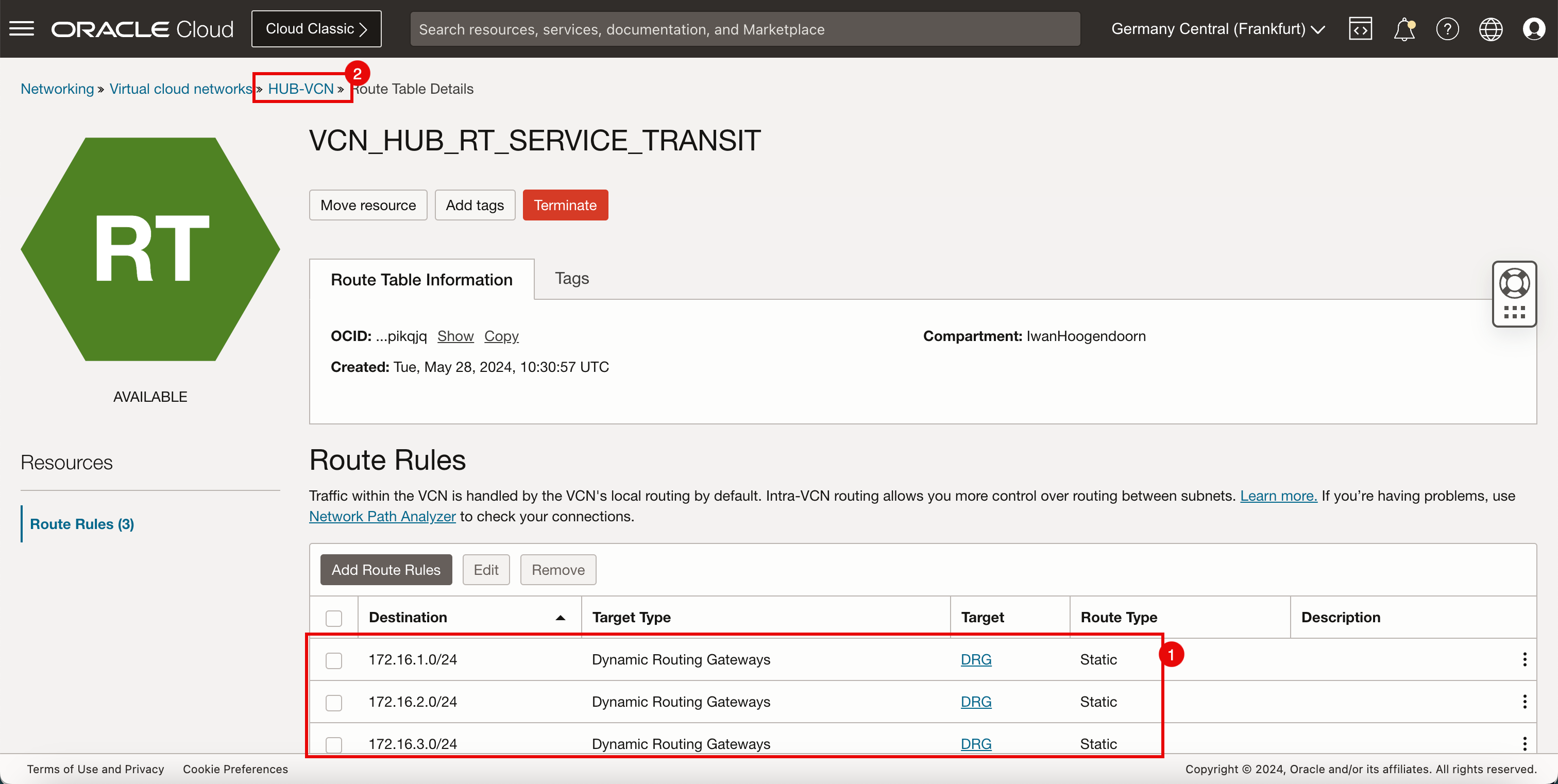

Creare una tabella di instradamento (

VCN_HUB_RT_SERVICE_TRANSIT) nella VCN dell'hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 172.16.1.0/24 Gateway di instradamento dinamico DRG Statica 172.16.2.0/24 Gateway di instradamento dinamico DRG Statica 172.16.3.0/24 Gateway di instradamento dinamico DRG Statica -

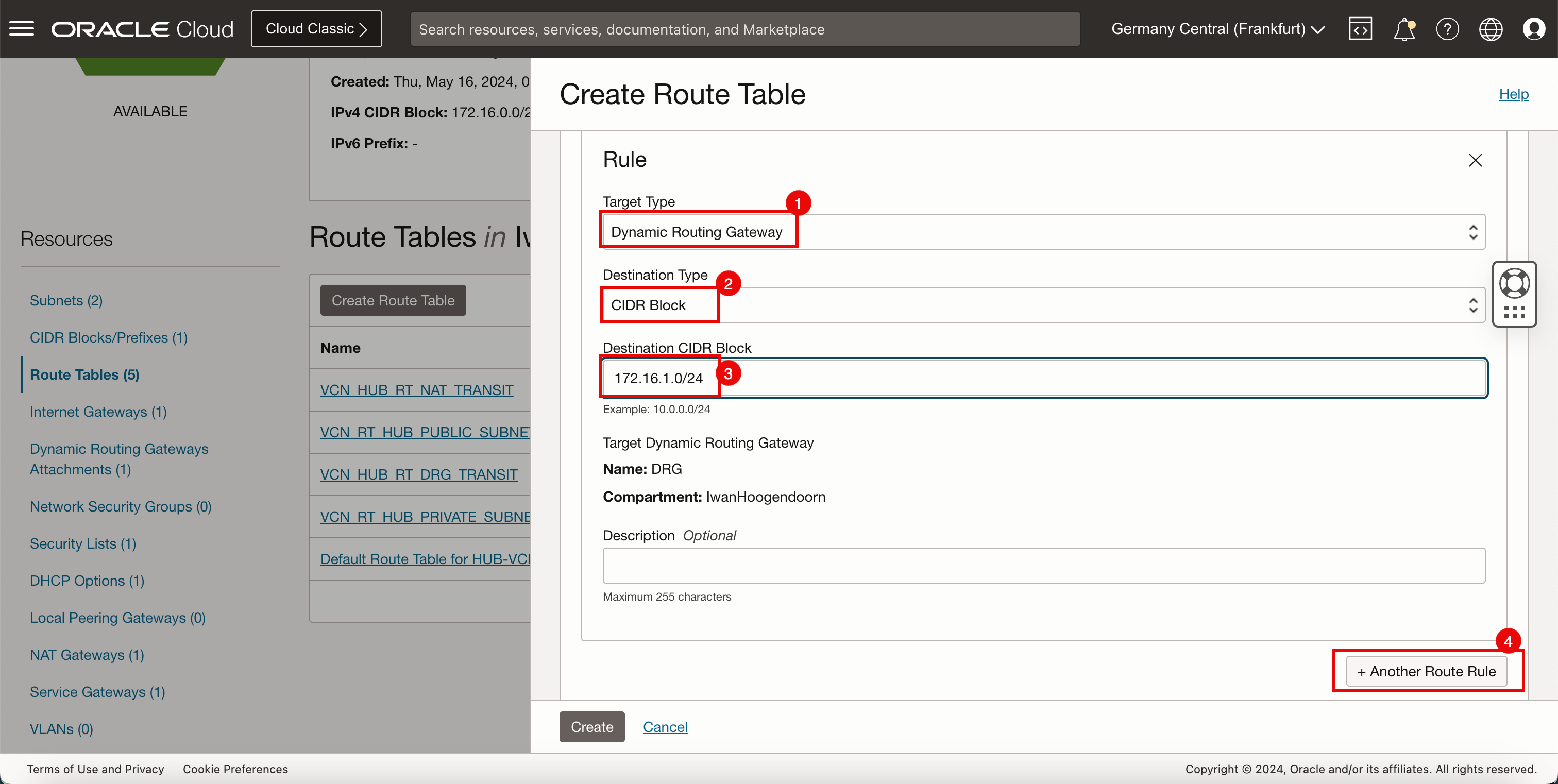

Fare clic su Crea tabella di instradamento.

- Immettere il nome per la nuova tabella di instradamento della VCN hub per la subnet pubblica.

- Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.1.0/24. - Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.2.0/24. - Fare clic su + Altra regola di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Blocco CIDR.

- In Blocco CIDR di destinazione, immettere

172.16.3.0/24. - Fare clic su + Altra regola di instradamento.

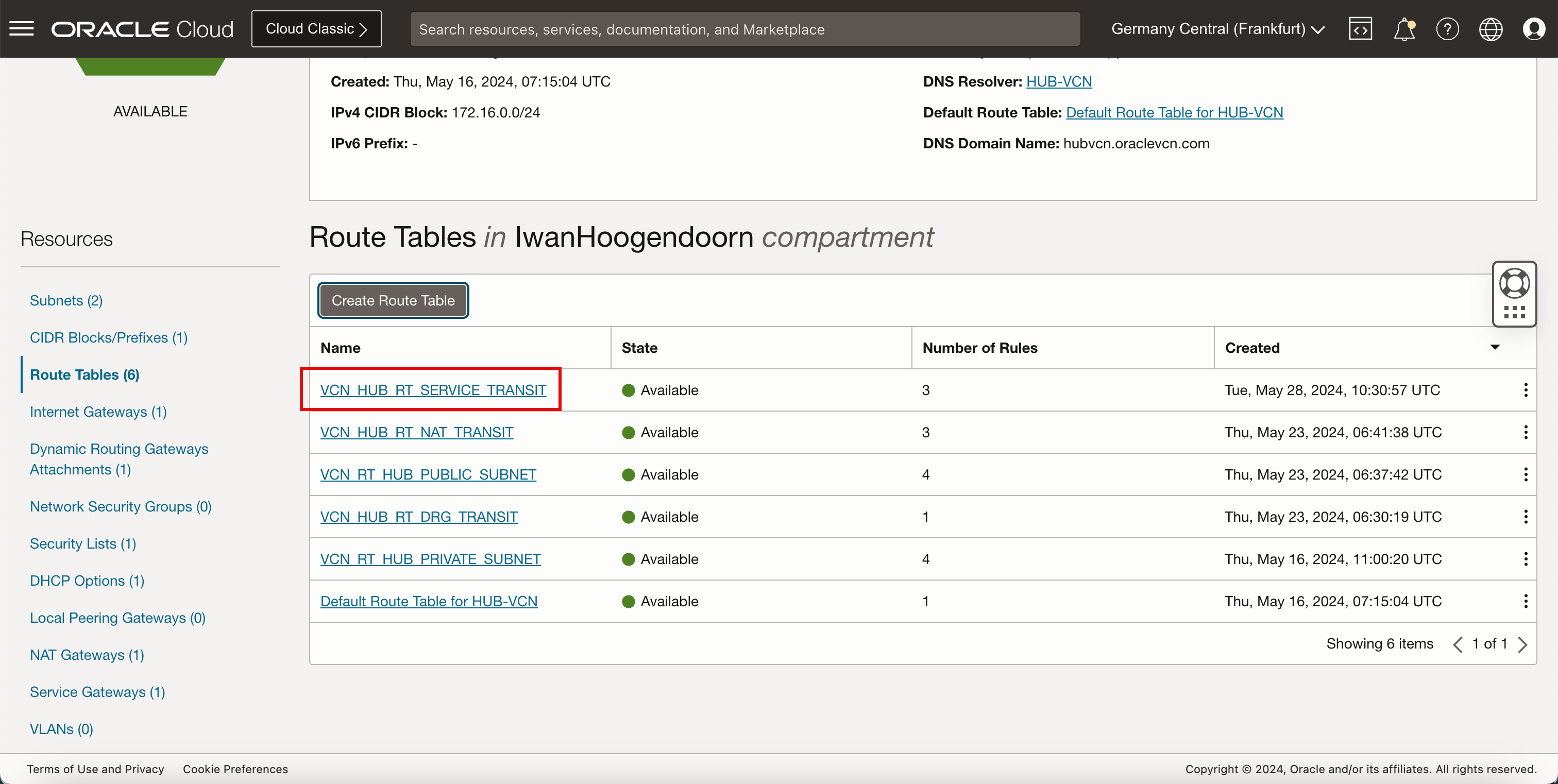

- La tabella di instradamento per il gateway dei servizi viene creata. Fare clic sul nome della tabella di instradamento.

- Prendere nota di tutte le regole di instradamento per la tabella di instradamento del gateway dei servizi.

- Fare clic su VCN hub per tornare alla pagina VCN hub.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

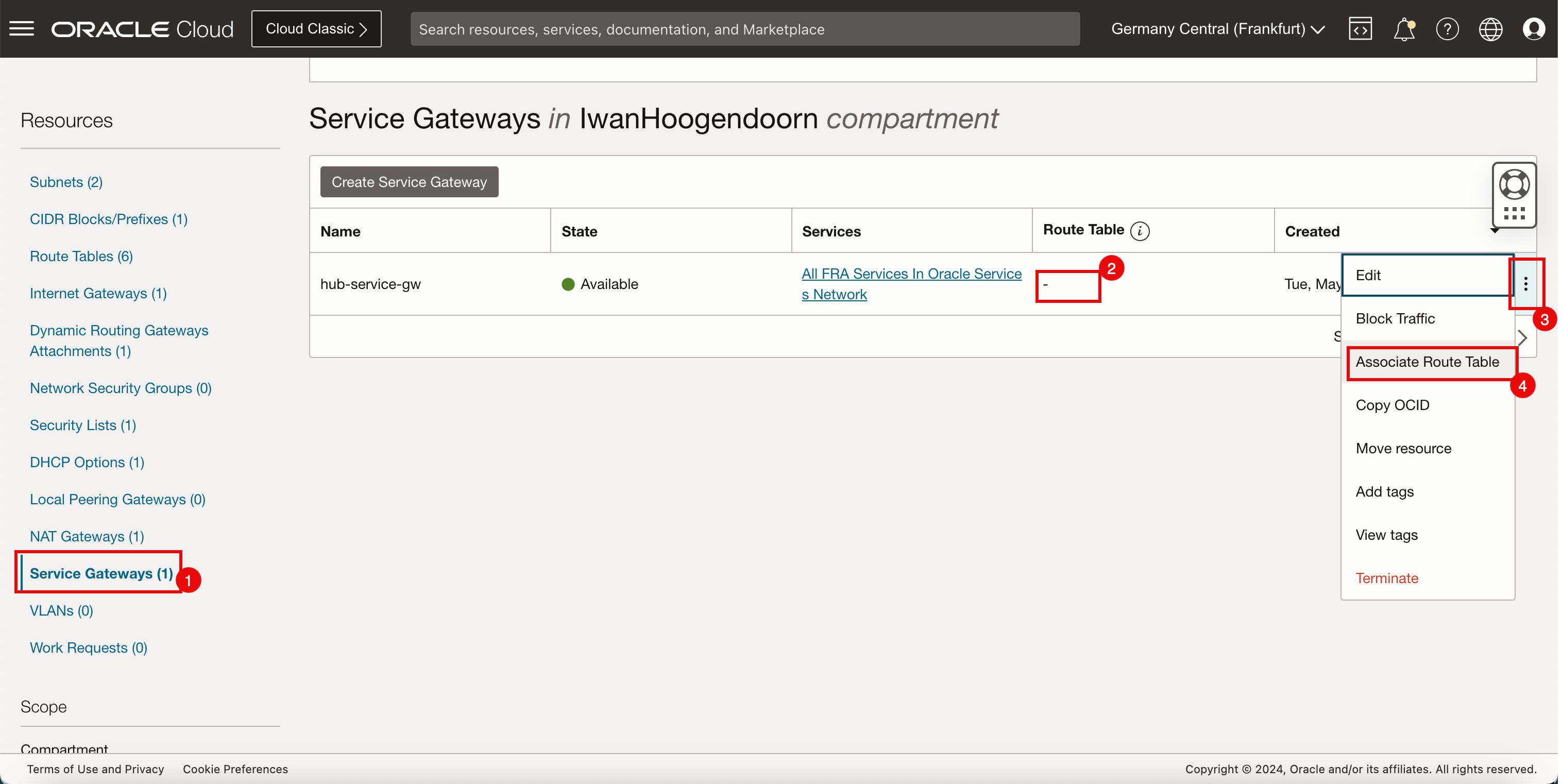

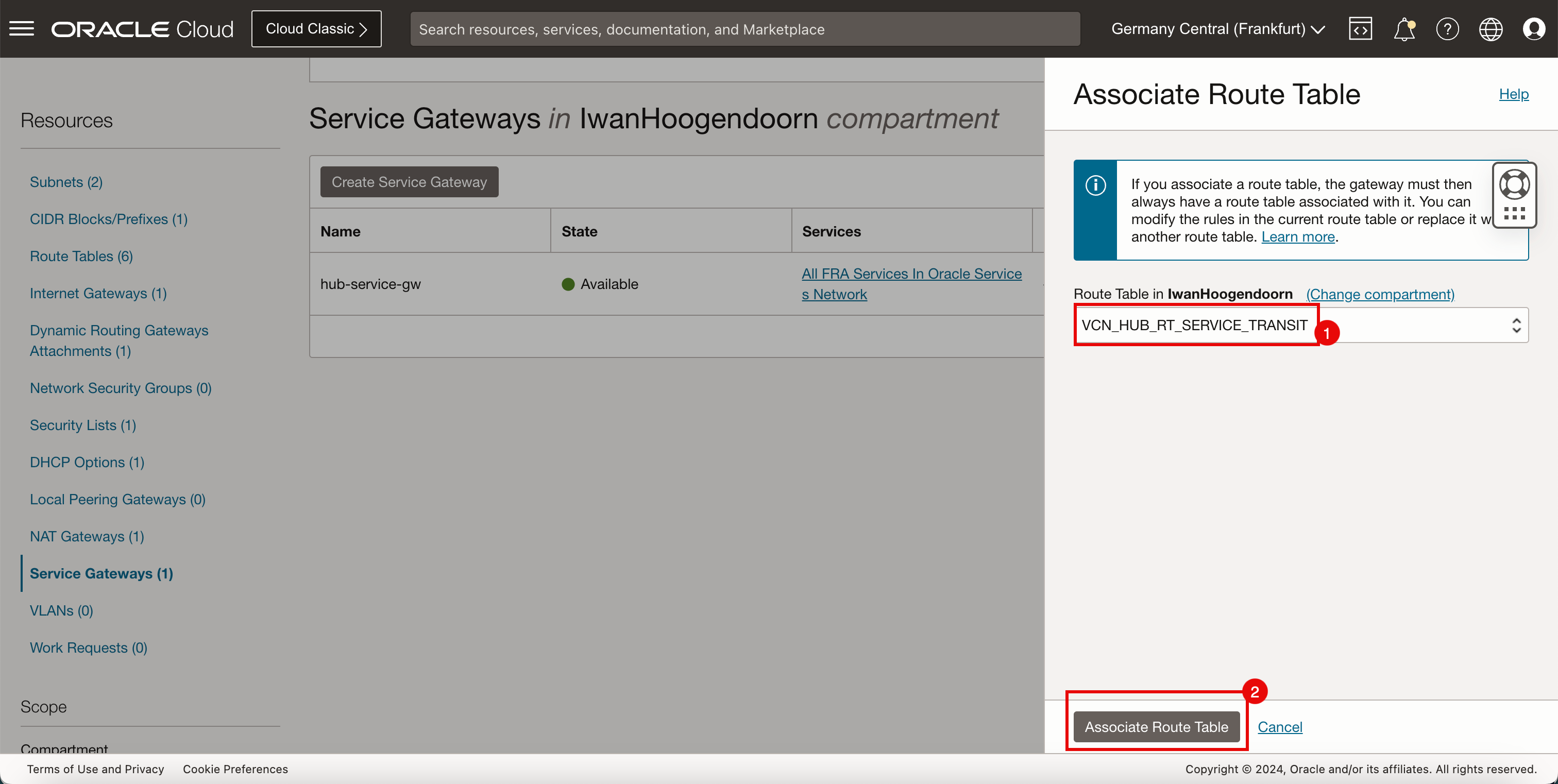

Ora è disponibile la nuova tabella di instradamento della VCN da associare al gateway dei servizi.

Informazioni di instradamento: (

VCN_HUB_RT_SERVICE_TRANSIT) questa tabella di instradamento VCN instraderà il traffico destinato agli spoke verso il gateway DRG.- Fare clic su Gateway dei servizi.

- Si noti che al gateway del servizio non è associata alcuna tabella di instradamento.

- Fare clic sui tre punti.

- Fare clic su Associa tabella di instradamento.

- Selezionare la tabella di instradamento VCN creata in precedenza:

VCN_HUB_RT_SERVICE_TRANSIT. - Fare clic su Associa tabella di instradamento.

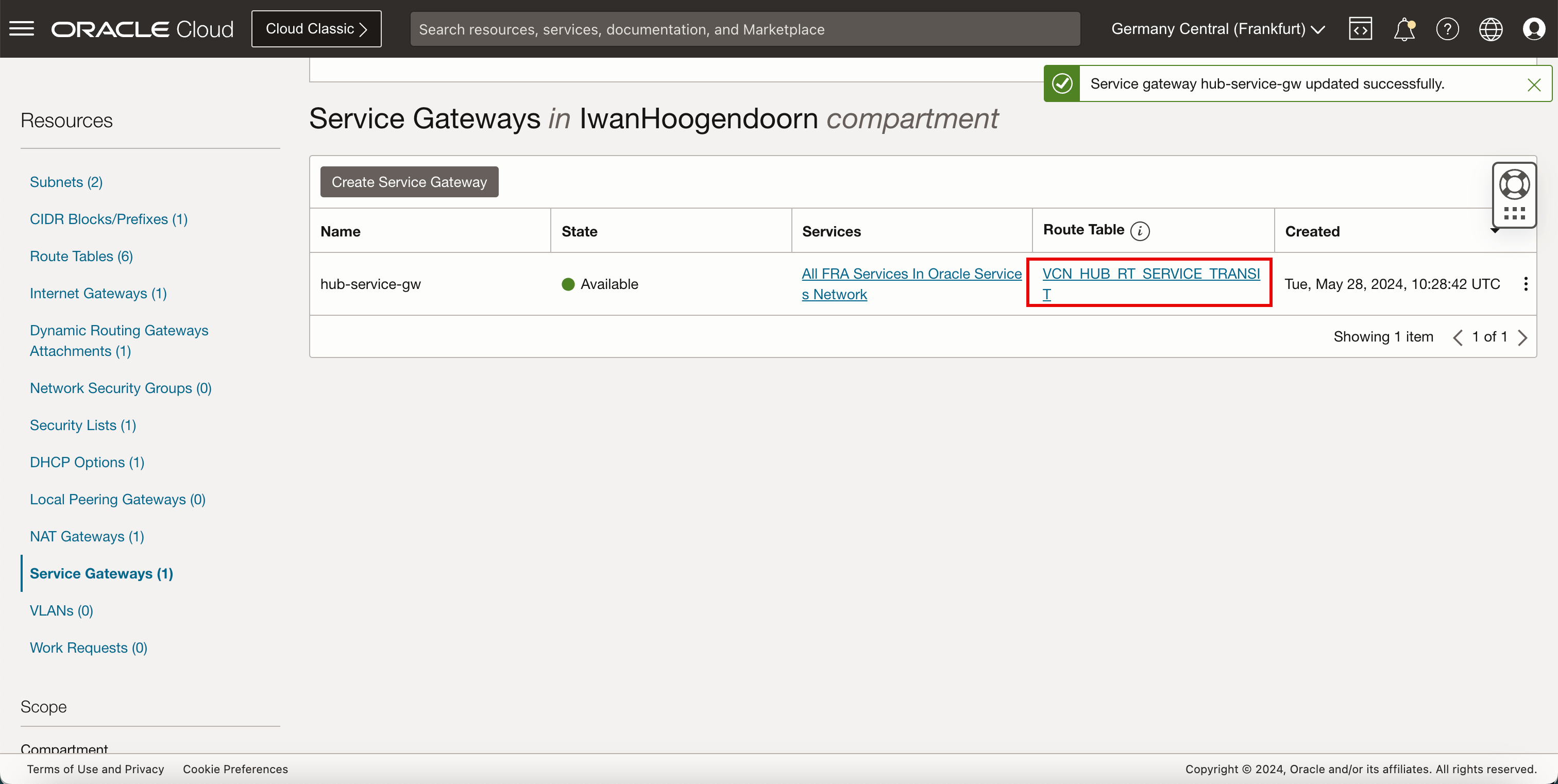

-

Tenere presente che una nuova tabella di instradamento VCN è attiva nel gateway dei servizi.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

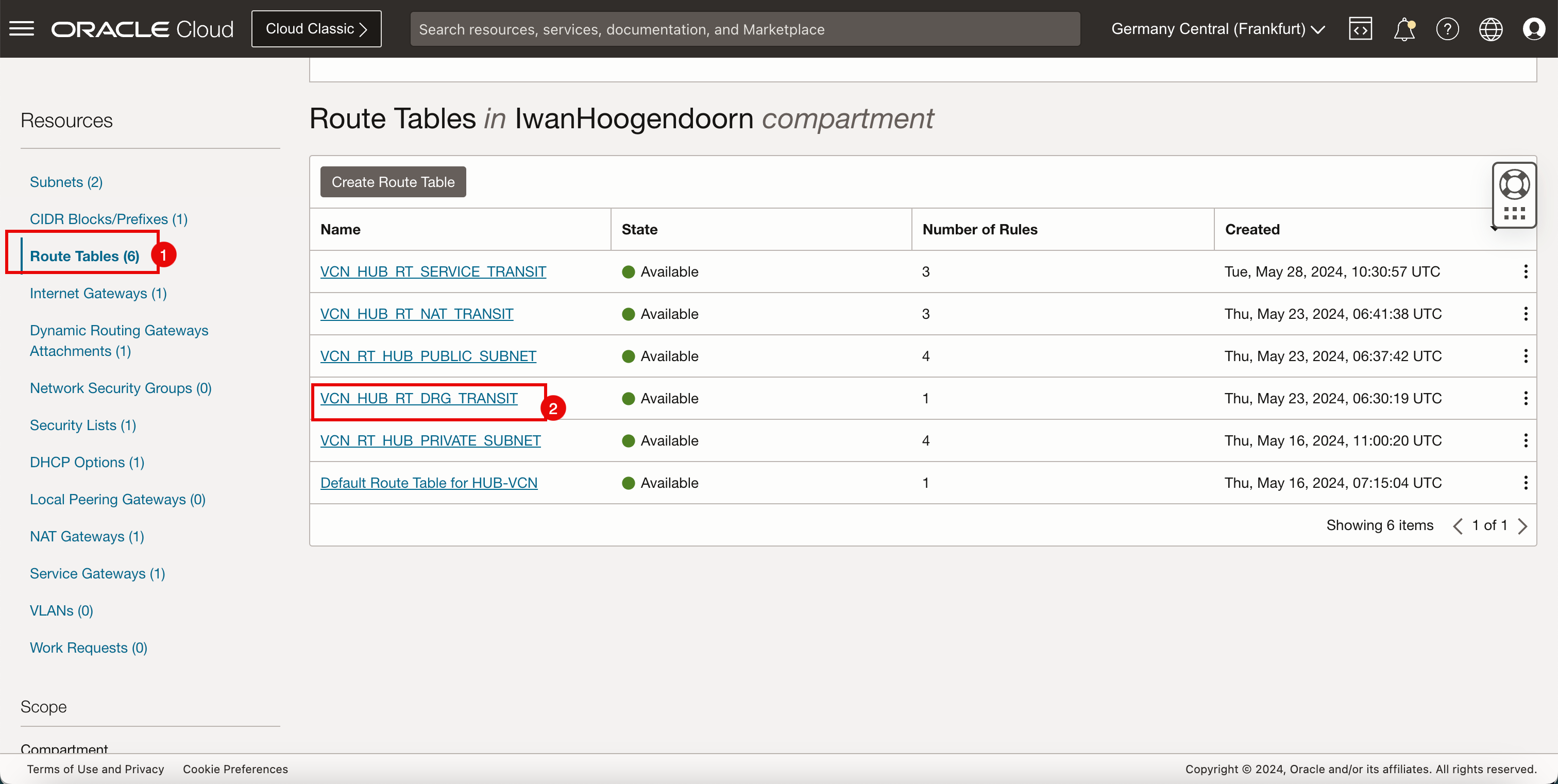

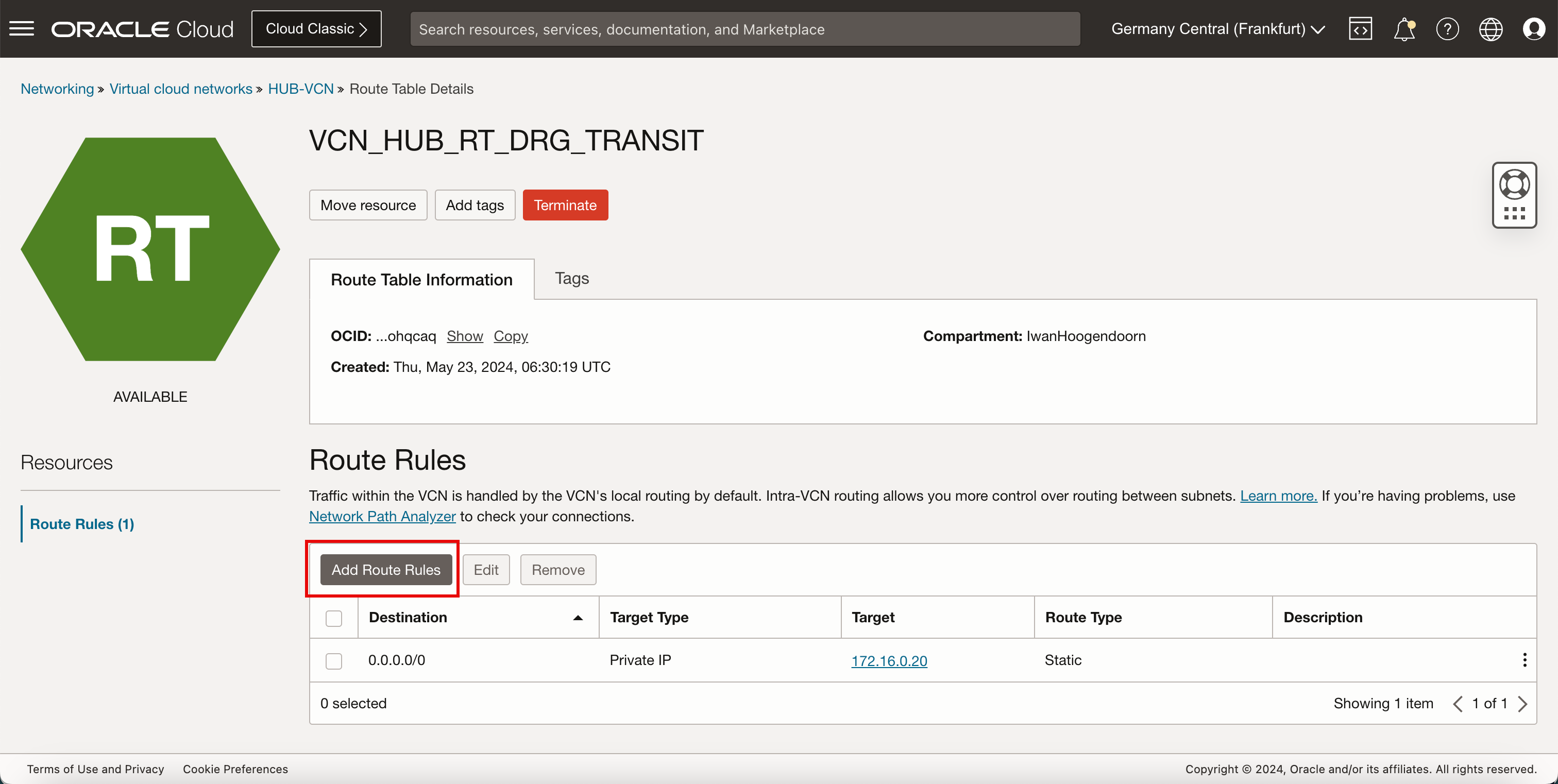

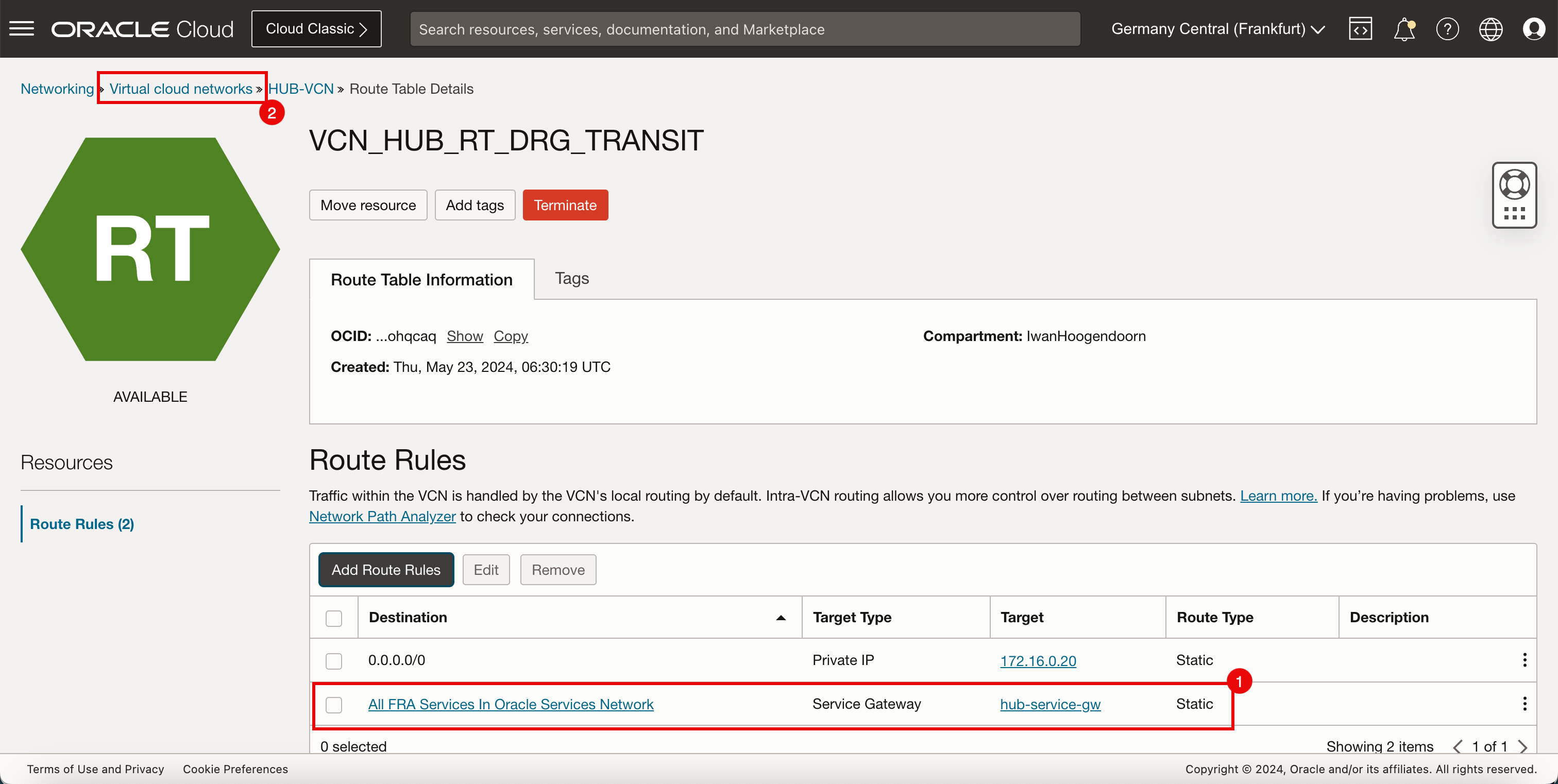

Assicurarsi che il gateway DRG instrada correttamente anche il traffico al nuovo gateway di servizi. È necessario aggiornare la tabella di instradamento

VCN_HUB_RT_DRG_TRANSIT. -

Aggiornare la tabella di instradamento (

VCN_HUB_RT_DRG_TRANSIT) nella VCN dell'hub.Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 IP privato 172.16.0.20 (IP FW) Statica Tutti i servizi FRA in Oracle Services Network Gateway del servizio servizio hub-gw Statica - Fare clic su Tabelle di instradamento.

- Selezionare la tabella di instradamento

VCN_HUB_RT_DRG_TRANSIT.

-

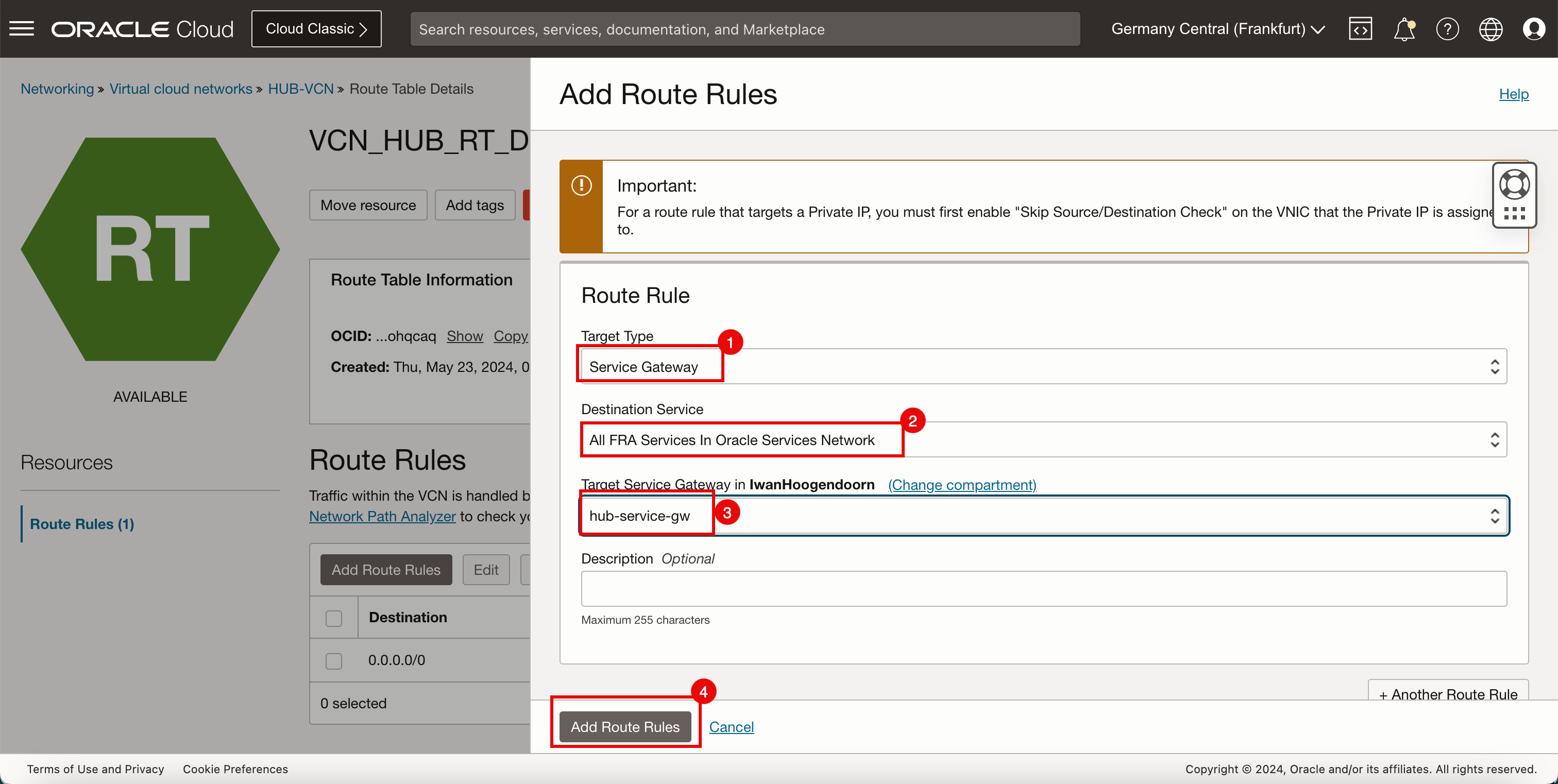

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione selezionare Gateway servizi.

- In Servizio di destinazione selezionare Tutti i servizi in Oracle Services Network.

- Selezionare il gateway di servizio creato in precedenza.

- Fare clic su Aggiungi regole di instradamento.

- Nota la nuova regola di instradamento che abbiamo appena creato.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

Assicurarsi che le reti VCN spoke instradino correttamente il traffico al nuovo gateway di servizi. È necessario aggiornare le tabelle di instradamento della VCN spoke predefinite.

-

Aggiornare la tabella di instradamento della VCN predefinita nella VCN A spoke.

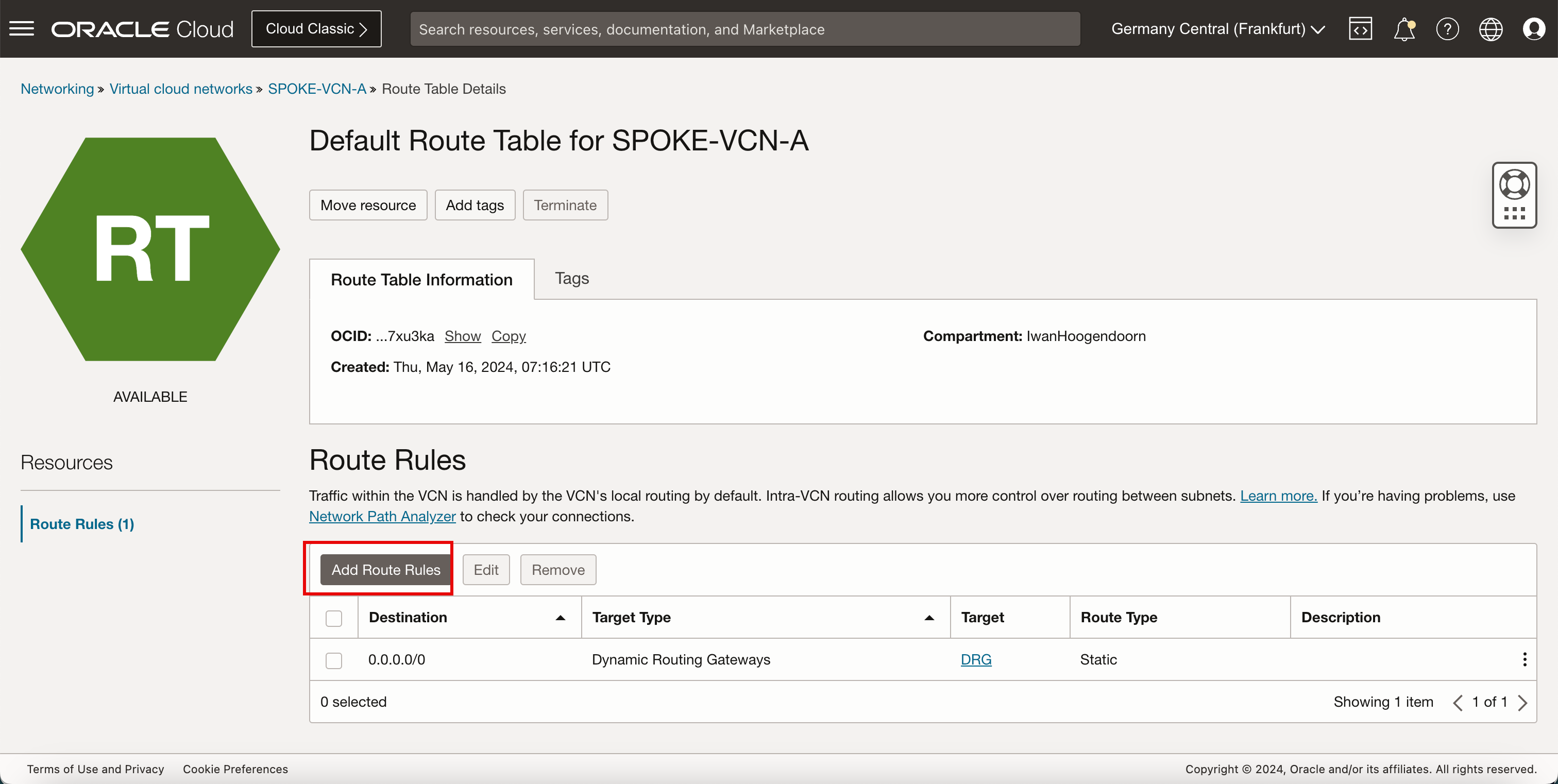

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica Tutti i servizi FRA in Oracle Services Network Gateway di instradamento dinamico DRG Statica -

Fare clic su VCN spoke A.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita per SPOKE-VCN-A.

-

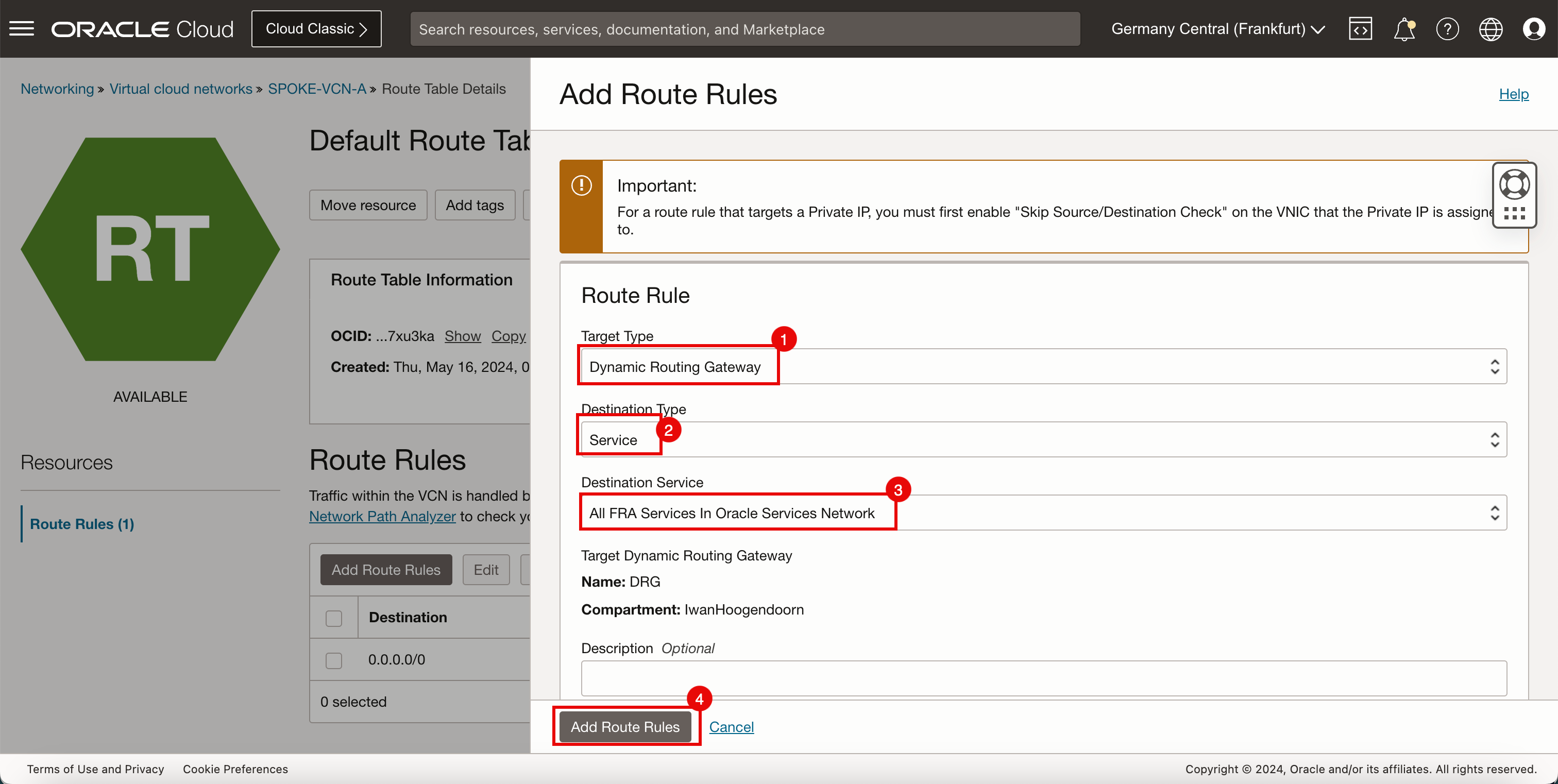

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Servizio.

- In Servizio di destinazione selezionare Tutti i servizi in Oracle Services Network.

- Fare clic su Aggiungi regole di instradamento.

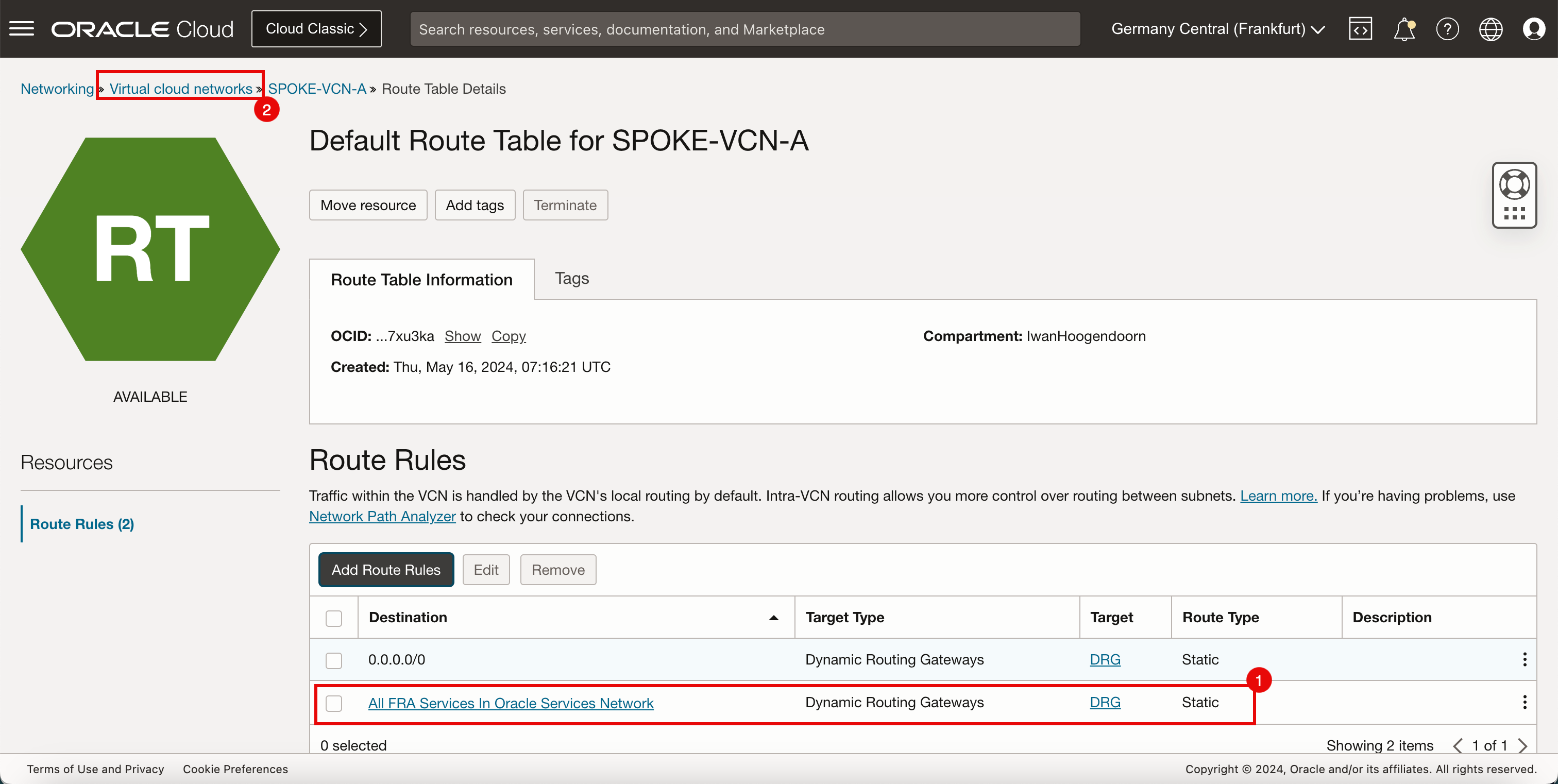

- Tenere presente che l'instradamento dei servizi OCI viene ora aggiunto alla tabella di instradamento predefinita della VCN A spoke.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

Aggiornare la tabella di instradamento della VCN predefinita nella VCN B spoke.

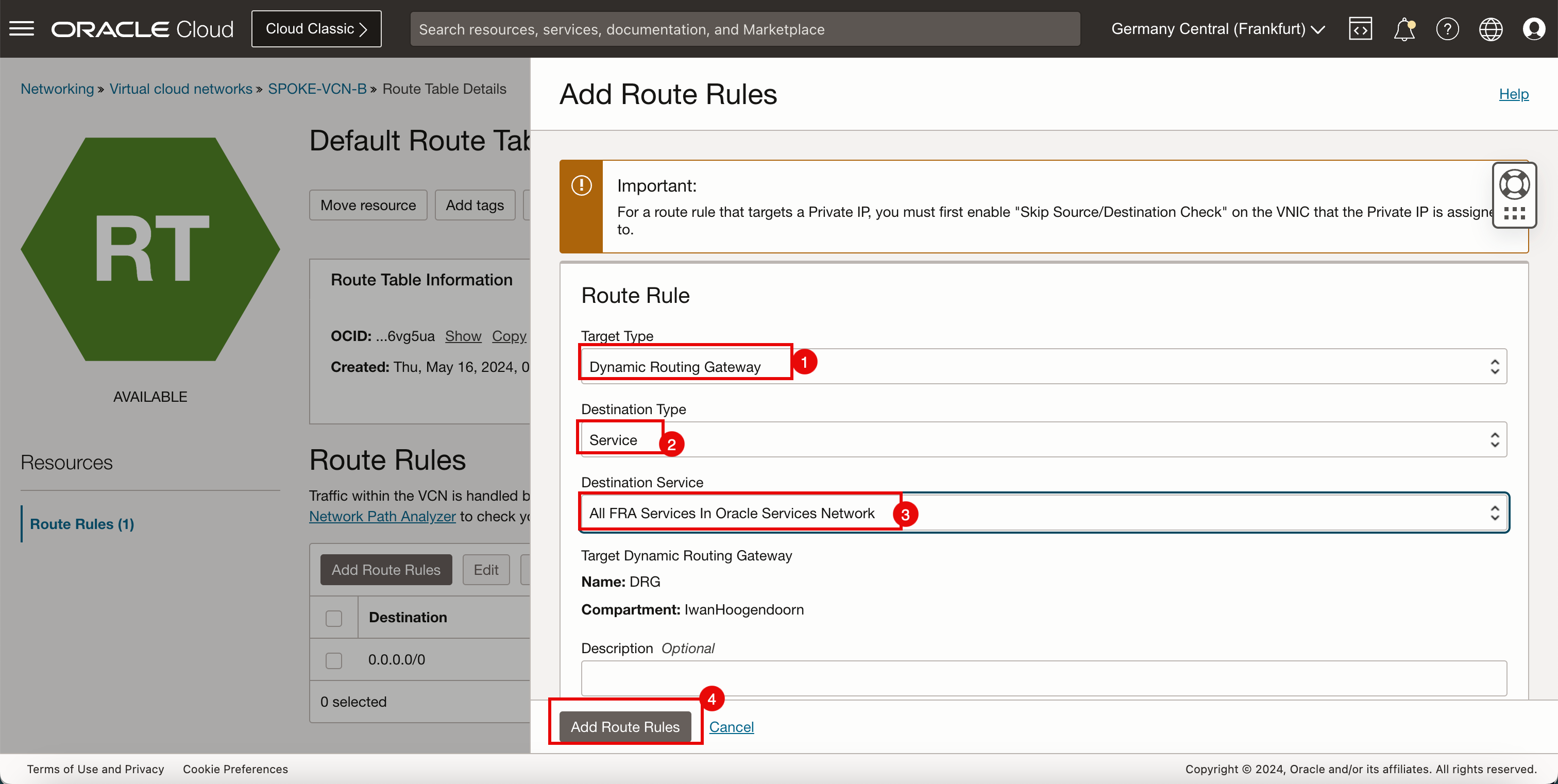

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica Tutti i servizi FRA in Oracle Services Network Gateway di instradamento dinamico DRG Statica -

Fare clic su VCN spoke B.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita per la VCN-B SPOKE.

-

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Servizio.

- In Servizio di destinazione selezionare Tutti i servizi in Oracle Services Network.

- Fare clic su Aggiungi regole di instradamento.

- Tenere presente che l'instradamento dei servizi OCI viene ora aggiunto alla tabella di instradamento predefinita della VCN B spoke.

- Fare clic su Reti cloud virtuali per tornare alla pagina VCN.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

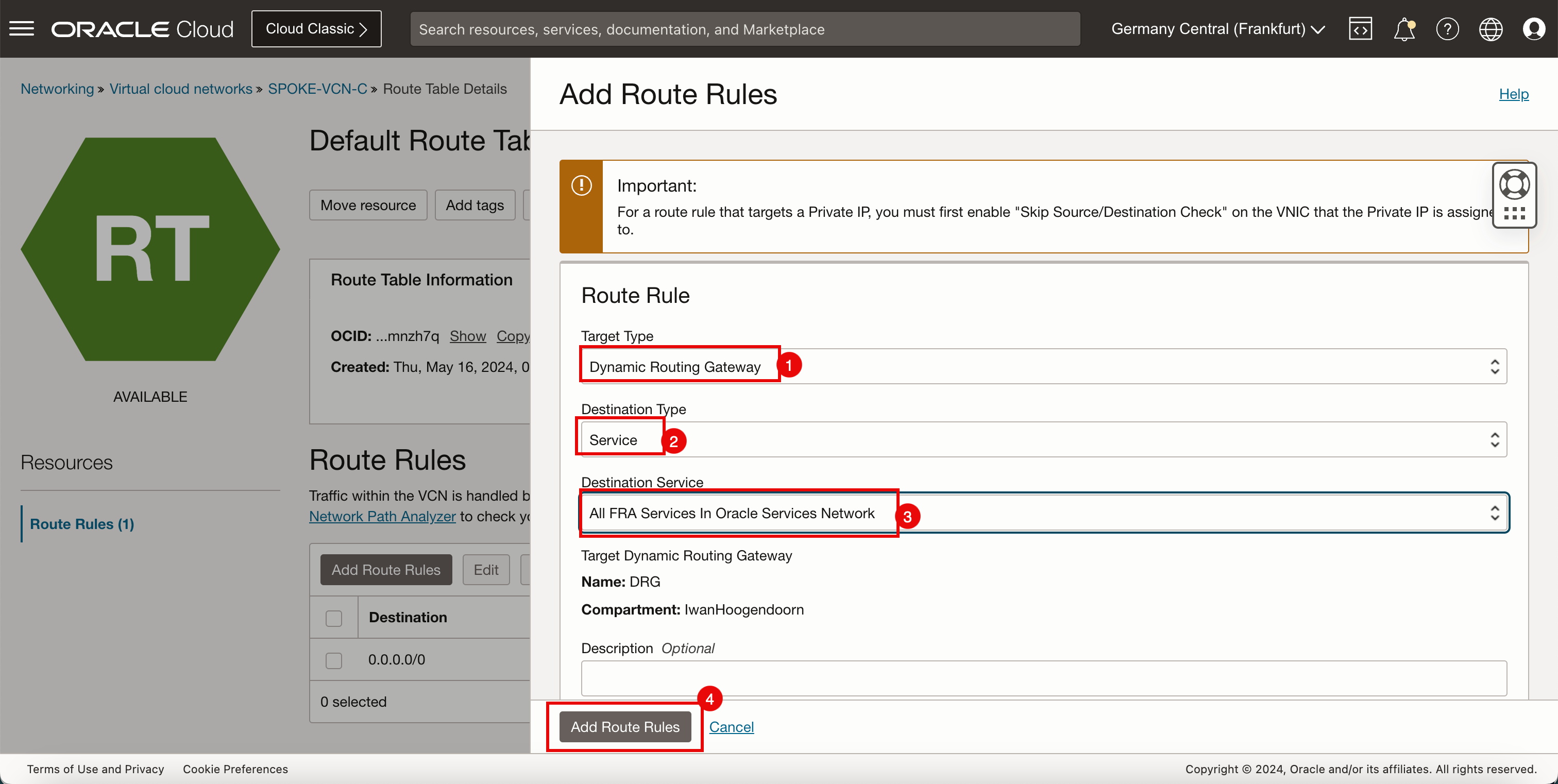

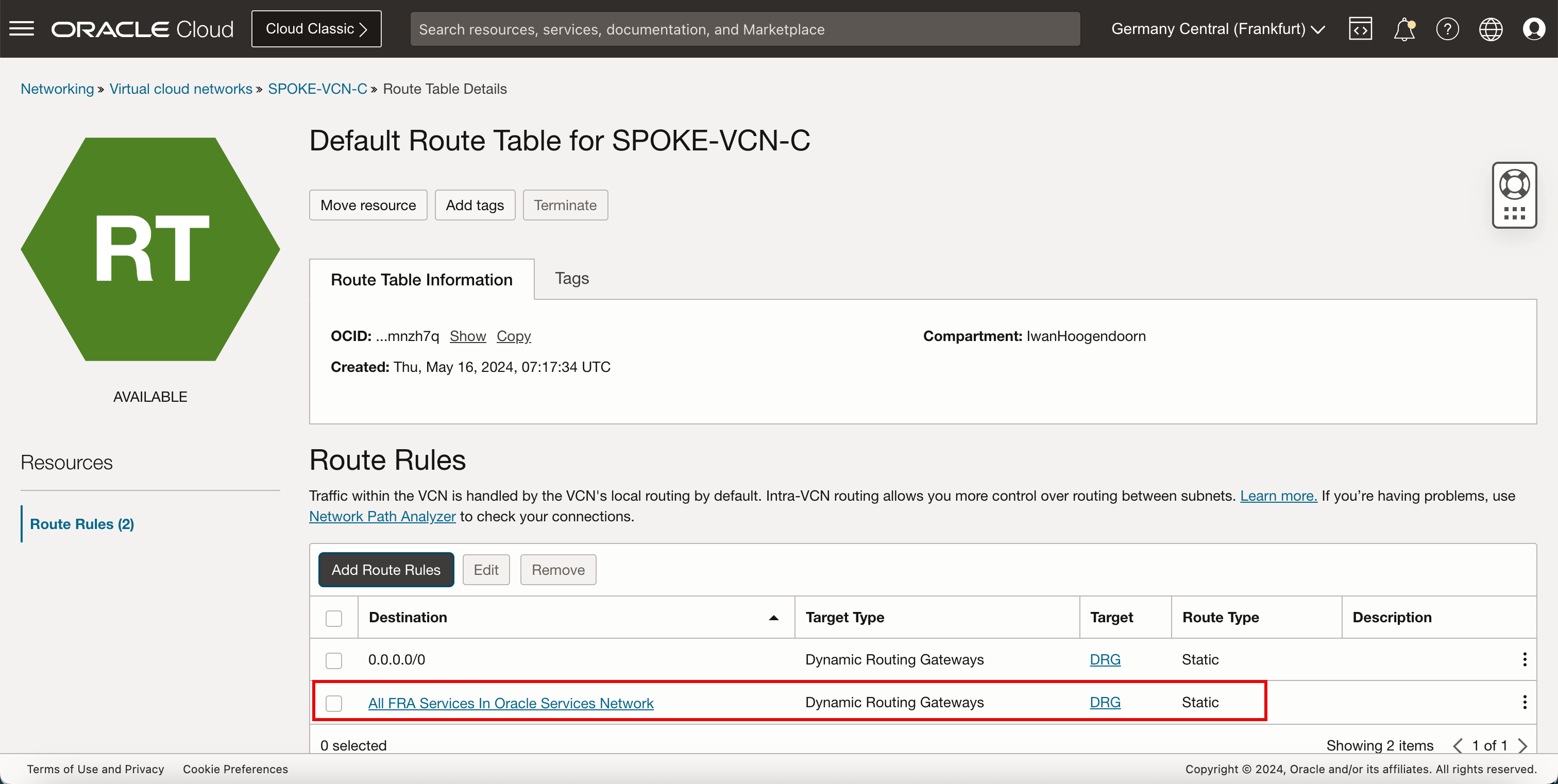

Aggiornare la tabella di instradamento della VCN predefinita nella VCN C spoke.

Obiettivo Tipo di destinazione Obiettivo Tipo di instradamento 0.0.0.0/0 Gateway di instradamento dinamico DRG Statica Tutti i servizi FRA in Oracle Services Network Gateway di instradamento dinamico DRG Statica -

Fare clic su VCN spoke C.

- Fare clic su Tabelle di instradamento.

- Fare clic su Tabella di instradamento predefinita per SPOKE-VCN-C.

-

Fare clic su Aggiungi regole di instradamento.

- In Tipo di destinazione, selezionare Gateway di instradamento dinamico.

- In Tipo di destinazione selezionare Servizio.

- In Servizio di destinazione selezionare Tutti i servizi in Oracle Services Network.

- Fare clic su Aggiungi regole di instradamento.

-

Si noti che l'instradamento dei servizi OCI viene ora aggiunto alla tabella di instradamento predefinita della VCN C spoke.

-

L'immagine seguente illustra la rappresentazione visiva di ciò che hai creato finora.

-

A causa della nostra configurazione di routing (servizi):

- Il traffico verrà inviato al DRG.

- Il gateway DRG instraderà quindi il traffico al gateway del servizio.

-

Inoltre, il gateway del servizio instraderà il traffico verso la rete dei servizi OCI.

Nota: il traffico di rete dei nostri servizi non viene instradato tramite il firewall pfSense, poiché la rete dei servizi OCI è comunque un percorso protetto.

-

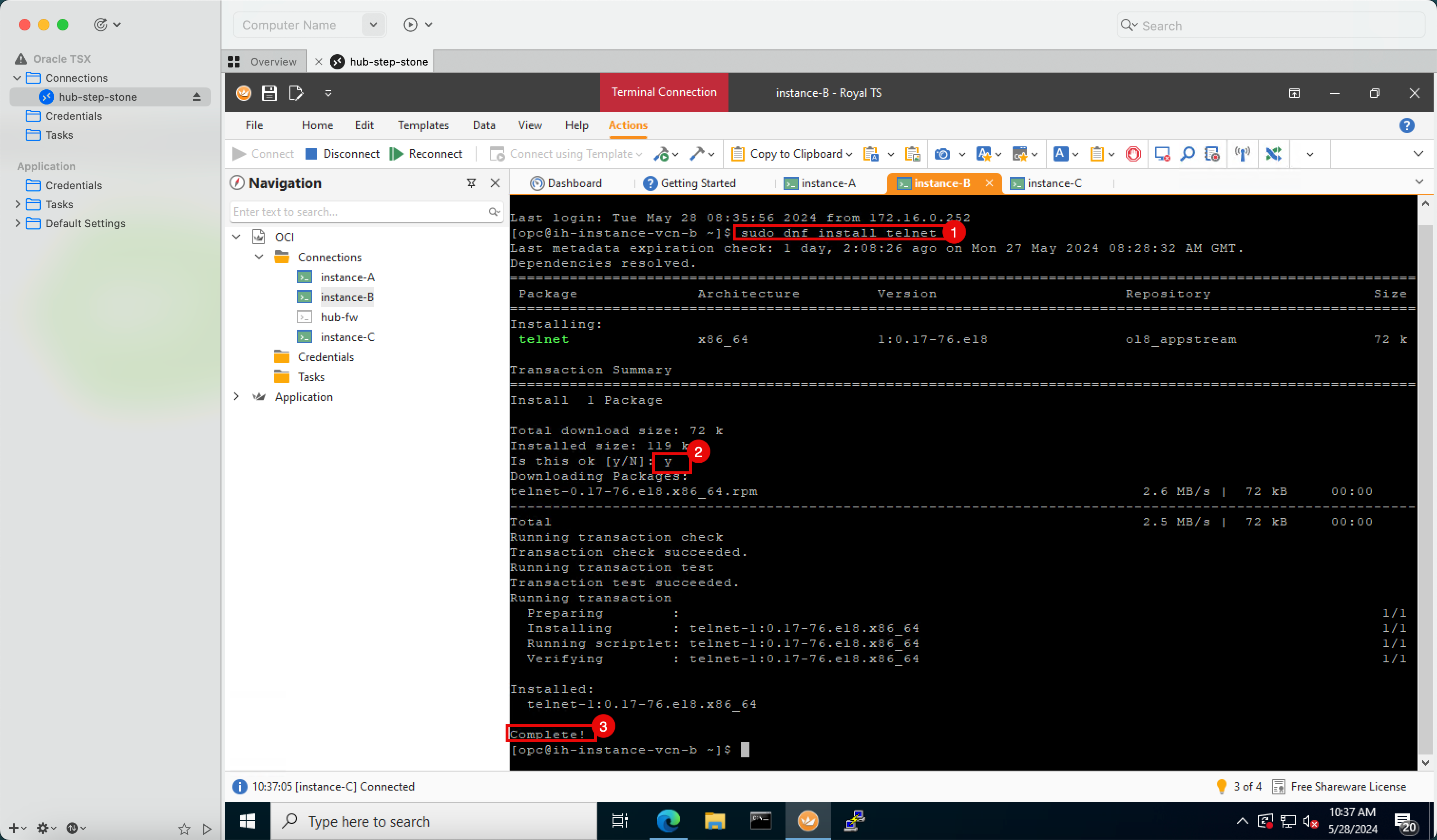

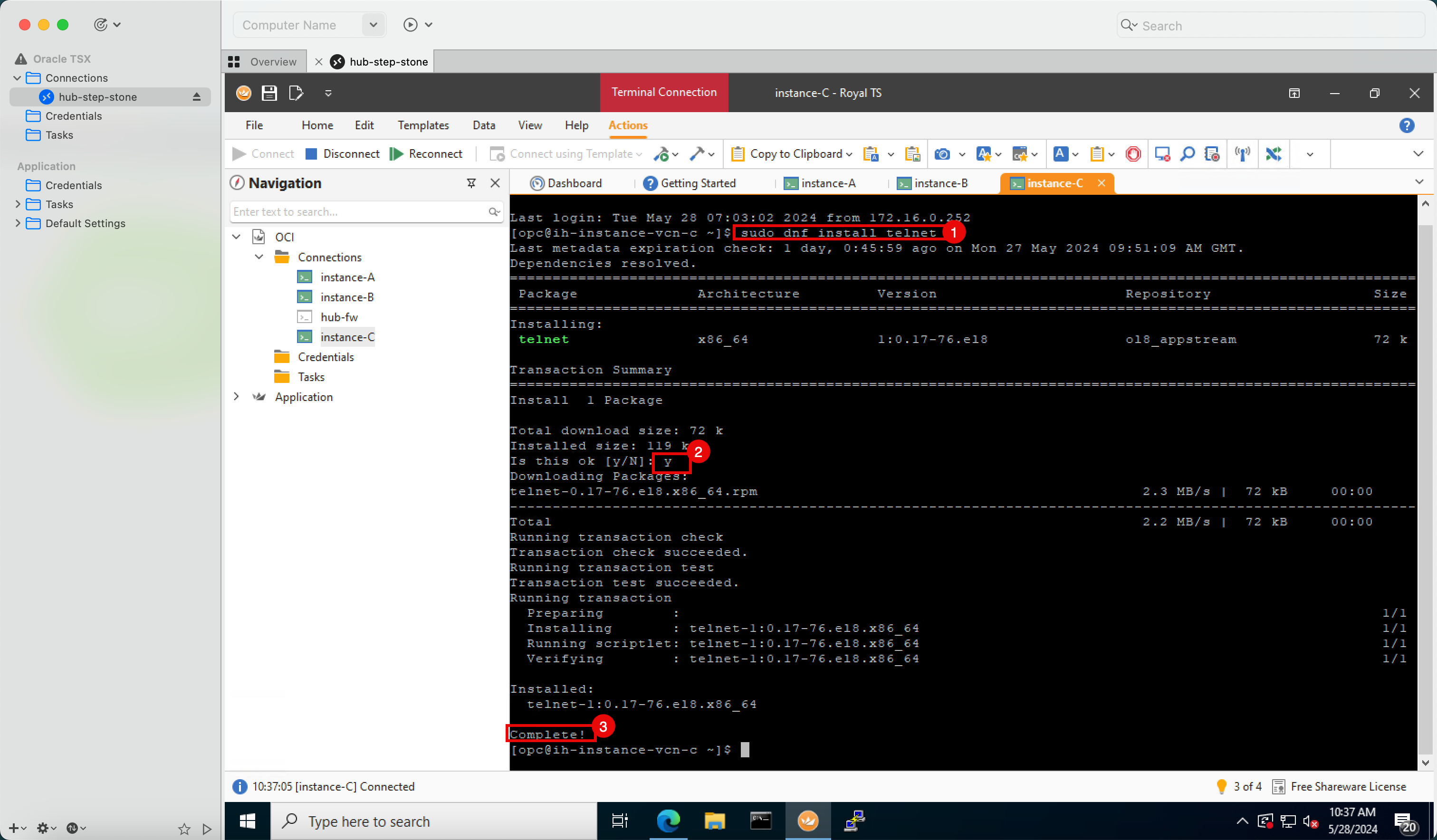

È possibile installare di nuovo l'applicazione Telnet nell'istanza della VCN A spoke.

- Eseguire il comando

sudo dnf install telnetper installare Telnet nell'istanza della VCN A spoke. - In È corretto immettere Y.

- Si noti che l'installazione è completata.

- Eseguire il comando

sudo dnf install telnetper installare Telnet nell'istanza della VCN B spoke. - In È corretto immettere Y.

- Si noti che l'installazione è completata.

- Eseguire il comando

sudo dnf install telnetper installare Telnet nell'istanza C della VCN spoke. - In È corretto immettere Y.

- Si noti che l'installazione è completata.

- Eseguire il comando

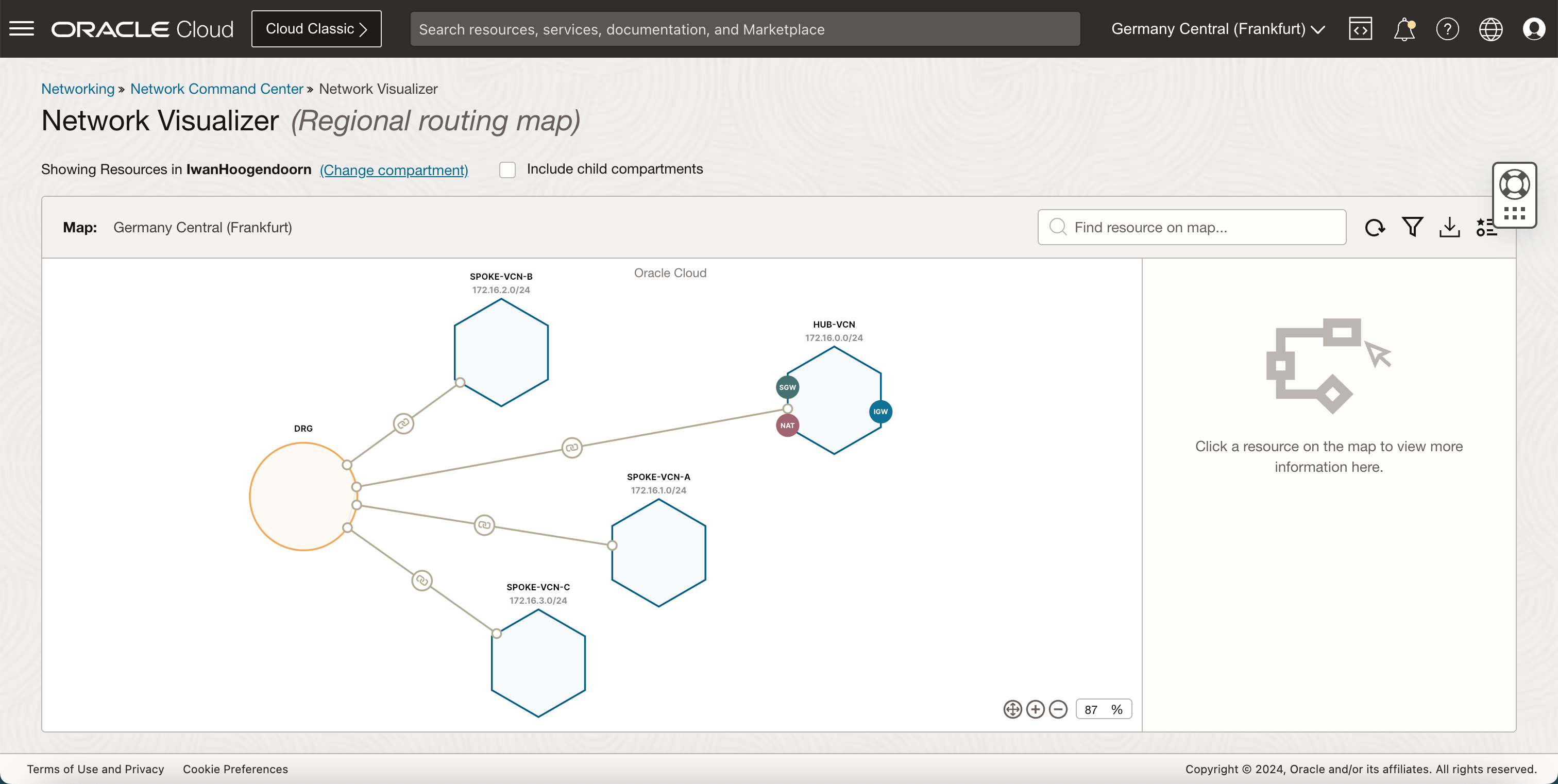

Network Visualizer

Lo strumento Network Visualizer consente di ottenere una vista grafica delle reti VCN hub e spoke con il gateway DRG.

Conferme

-

Autore - Iwan Hoogendoorn (esperto di rete OCI)

-

Contributore - Anas Abdallah (esperto della rete OCI)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti gratuiti sulla formazione su Oracle Learning YouTube channel. Inoltre, visita education.oracle.com/learning-explorer per diventare un Oracle Learning Explorer.

Per la documentazione del prodotto, visita l'Oracle Help Center.

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10012-01

June 2024