Impostare Single Sign-On e provisioning utente tra OCI IAM e JumpCloud

Introduzione

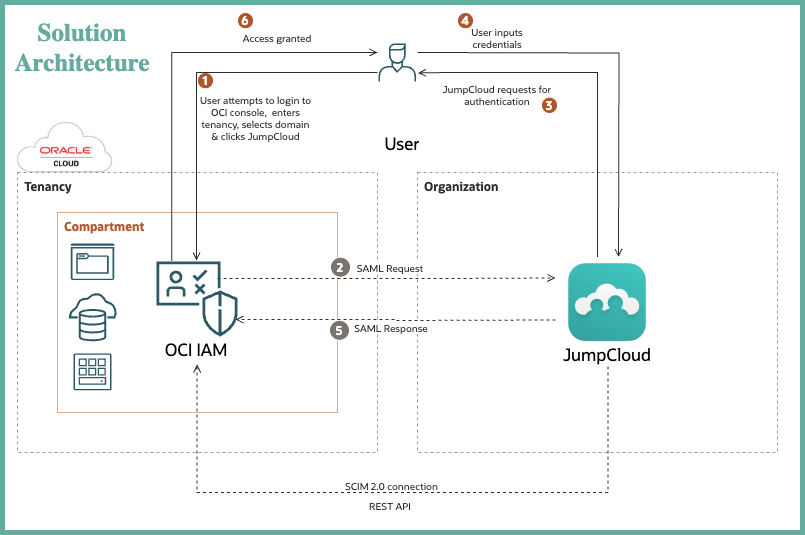

Impostando Single Sign-On (SSO) tra Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) e JumpCloud, gli amministratori OCI possono eseguire il login senza problemi a OCI Console utilizzando le proprie credenziali JumpCloud. Inoltre, con il provisioning degli utenti tramite le API RESTful, puoi ottenere la sincronizzazione degli utenti in tempo reale da JumpCloud a OCI.

Questa esercitazione mostra che è possibile integrare OCI IAM con JumpCloud impostando una federazione SAML (Security Assertion Markup Language) e un sistema per la connessione SCIM (Identity Management) 2.0 tra domini.

Inoltre, dopo aver stabilito SSO e sincronizzato le identità, è possibile definire i criteri IAM OCI per impostare i controlli dell'accesso a varie risorse OCI. Per ulteriori informazioni, consulta la guida introduttiva ai criteri e l'approfondimento dei criteri Oracle Cloud Infrastructure Identity and Access Management basati su tag.

Nota: questa esercitazione è specifica di IAM OCI con domini di Identity.

Obiettivi

-

Impostare SSO basato su SAML per la gestione degli accessi.

-

Impostare il provisioning SCIM 2.0 per la gestione delle identità.

-

Esegui test e convalida.

Prerequisiti

-

Accesso a una tenancy OCI. Per ulteriori informazioni, consulta Oracle Cloud Infrastructure Free Tier

-

Ruolo di amministratore del dominio di Identity per il dominio di Identity IAM OCI. Per ulteriori informazioni, vedere Informazioni sui ruoli di amministratore

-

Un'organizzazione JumpCloud

-

Ruolo di amministratore nell'organizzazione JumpCloud

Nota: abbiamo notato incongruenze nelle azioni di creazione/aggiornamento degli utenti durante l'utilizzo dell'offerta OCI nelle integrazioni JumpCloud. Pertanto, ai fini di questo tutorial, utilizzeremo invece l'applicazione personalizzata.

Sezione 1: Impostare SSO basato su SAML per la gestione degli accessi

JumpCloud funge da provider di identità (IdP), autenticando gli utenti e passando i token di autenticazione in modo sicuro a OCI IAM, che funge da provider di servizi (SP). Per impostare la federazione SAML, i metadati devono essere scambiati da entrambe le parti.

Task 1.1: Recupero dei metadati del provider di servizi da OCI IAM

I metadati SP del dominio di Identity IAM OCI vengono esportati per primi.

-

Aprire una scheda del browser e immettere l'URL:

https://cloud.oracle.com. -

Immettere Nome account cloud, indicato anche come nome della tenancy, quindi fare clic su Successivo.

-

Selezionare il dominio di Identity a cui connettersi. Dominio di Identity utilizzato per configurare SSO, ad esempio

Default. -

Immettere le credenziali dell'amministratore per eseguire il login a OCI Console.

-

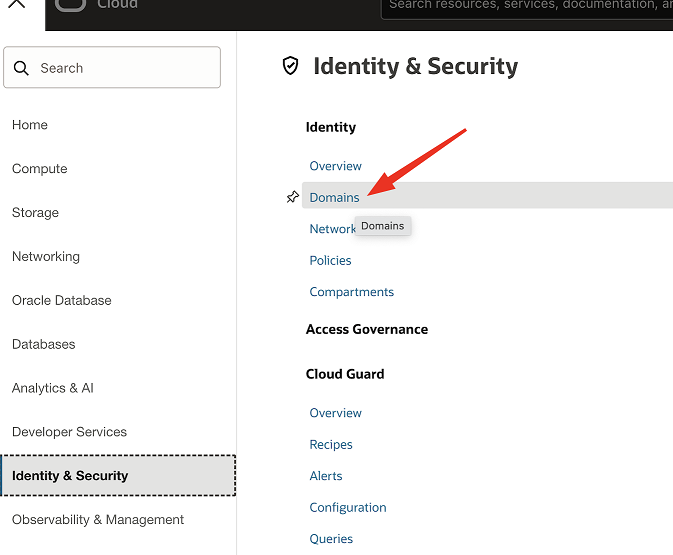

Andare a Identità e sicurezza, quindi in Identità fare clic su Domini.

-

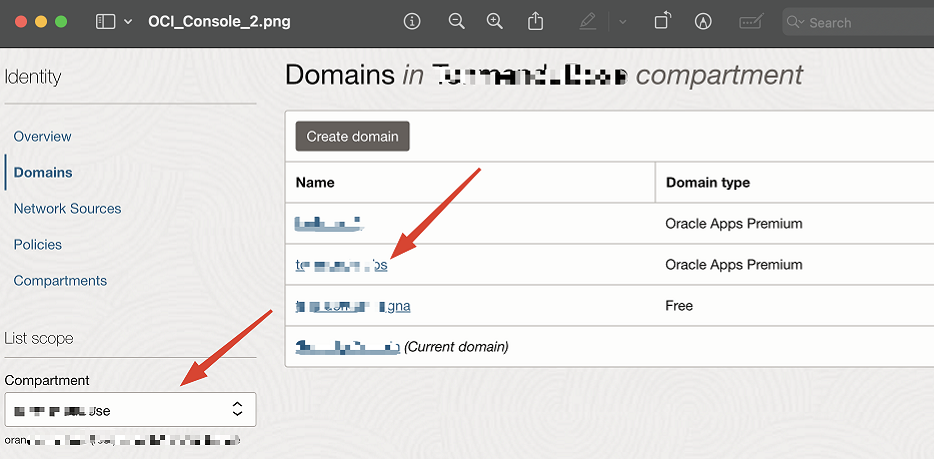

Fare clic sul nome del dominio di Identity. Se il dominio non è visibile, modificare il compartimento per trovare il dominio corretto.

-

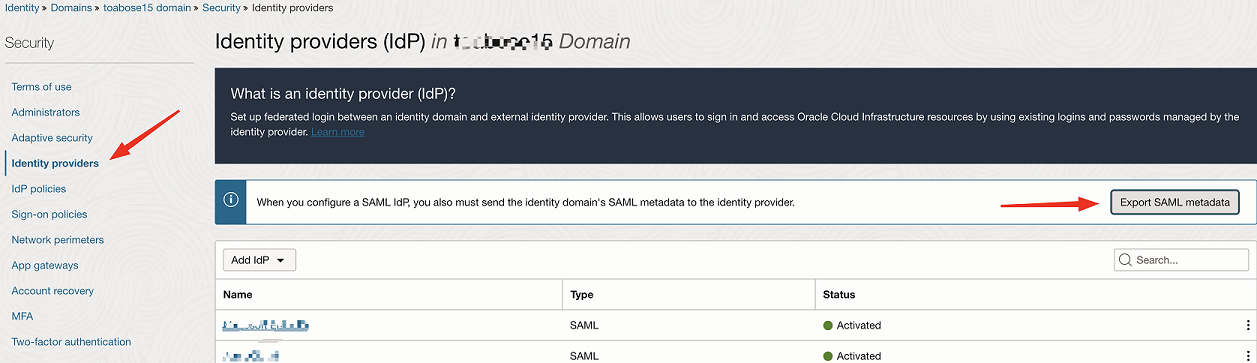

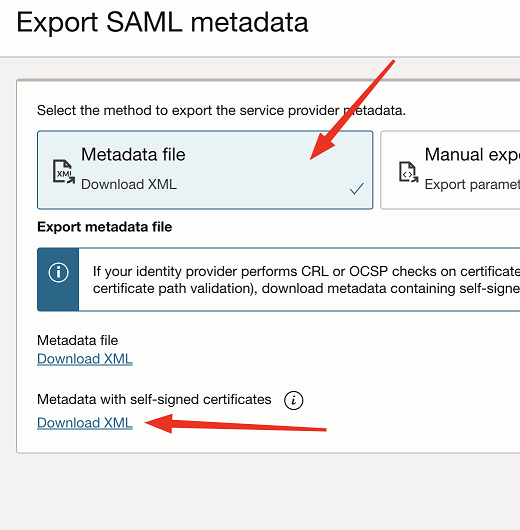

In Sicurezza fare clic su Provider di identità ed Esporta metadati SAML.

-

Selezionare un file di metadati. In Metadati con certificati con firma automatica, fare clic su Scarica XML e salvare questo file XML localmente nel computer, ovvero i metadati SP.

Task 1.2: Creare un'applicazione SSO

Creare un'applicazione SSO nel portale JumpCloud per rappresentare OCI Console.

-

Nel browser, accedere al portale JumpCloud utilizzando l'URL:

https://console.jumpcloud.com/login -

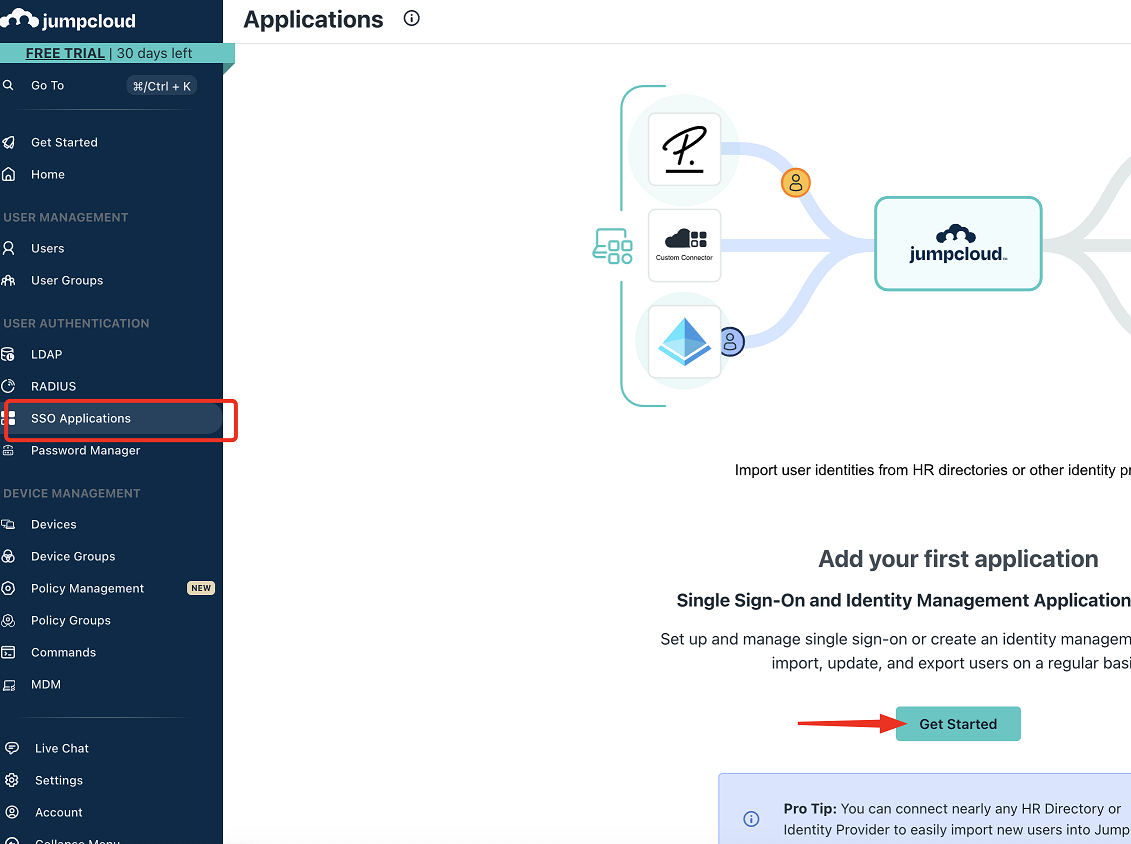

In AUTENTICAZIONE UTENTE selezionare Applicazioni SSO e fare clic su Per iniziare.

-

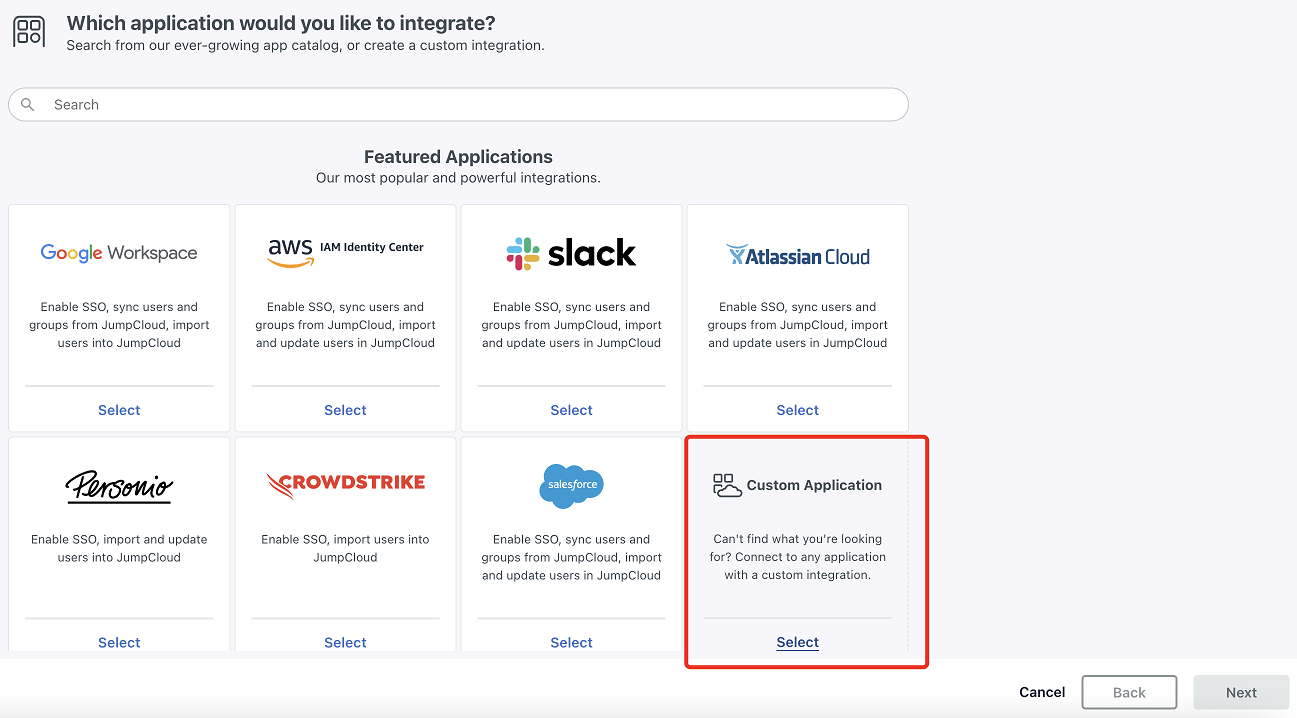

In Applicazione personalizzata fare clic su Seleziona, quindi su Successivo.

-

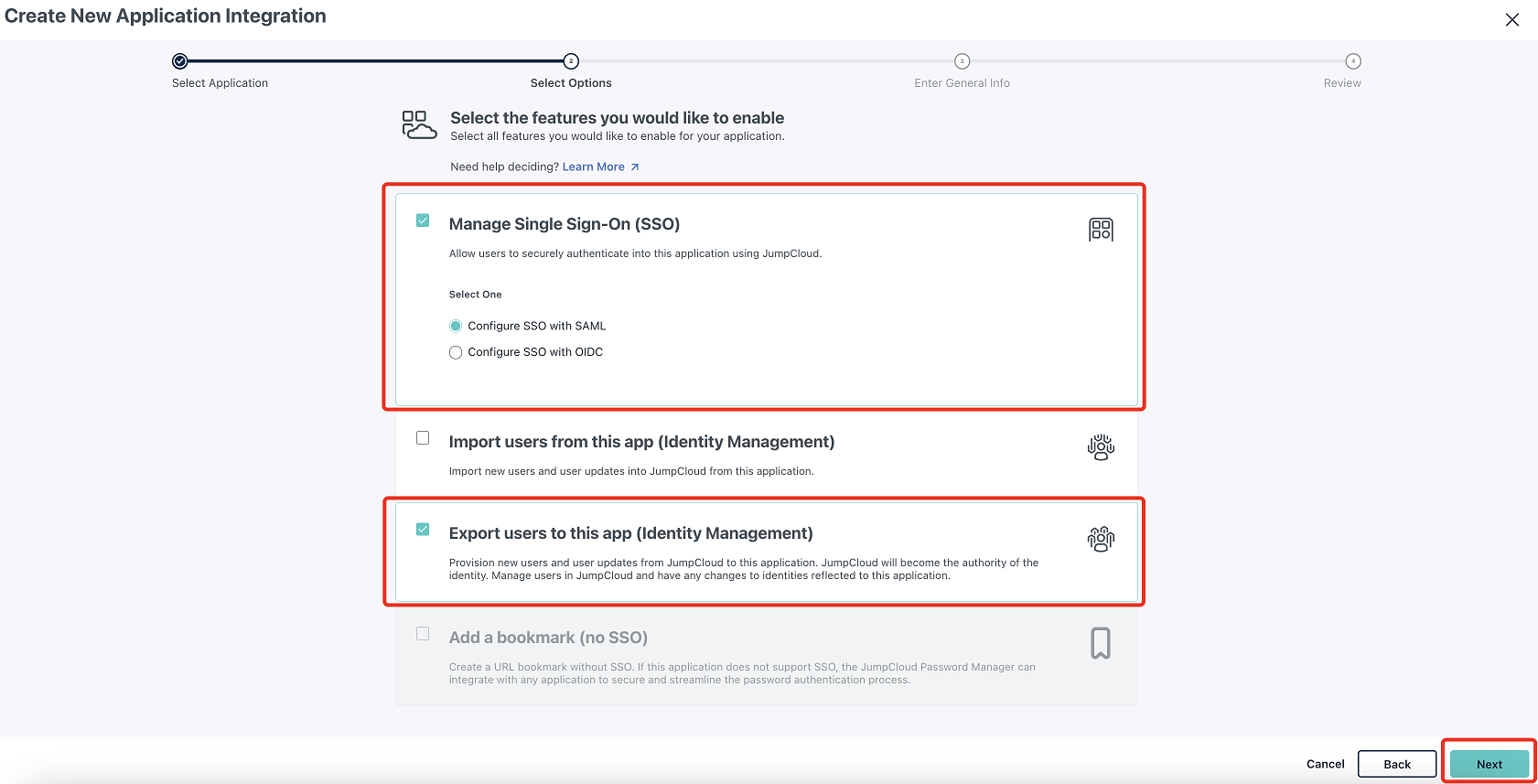

Selezionare Gestisci Single Sign-On (SSO), quindi Configura SSO con SAML. Selezionare Esporta utenti in questa applicazione (Identity Management) e fare clic su Successivo.

-

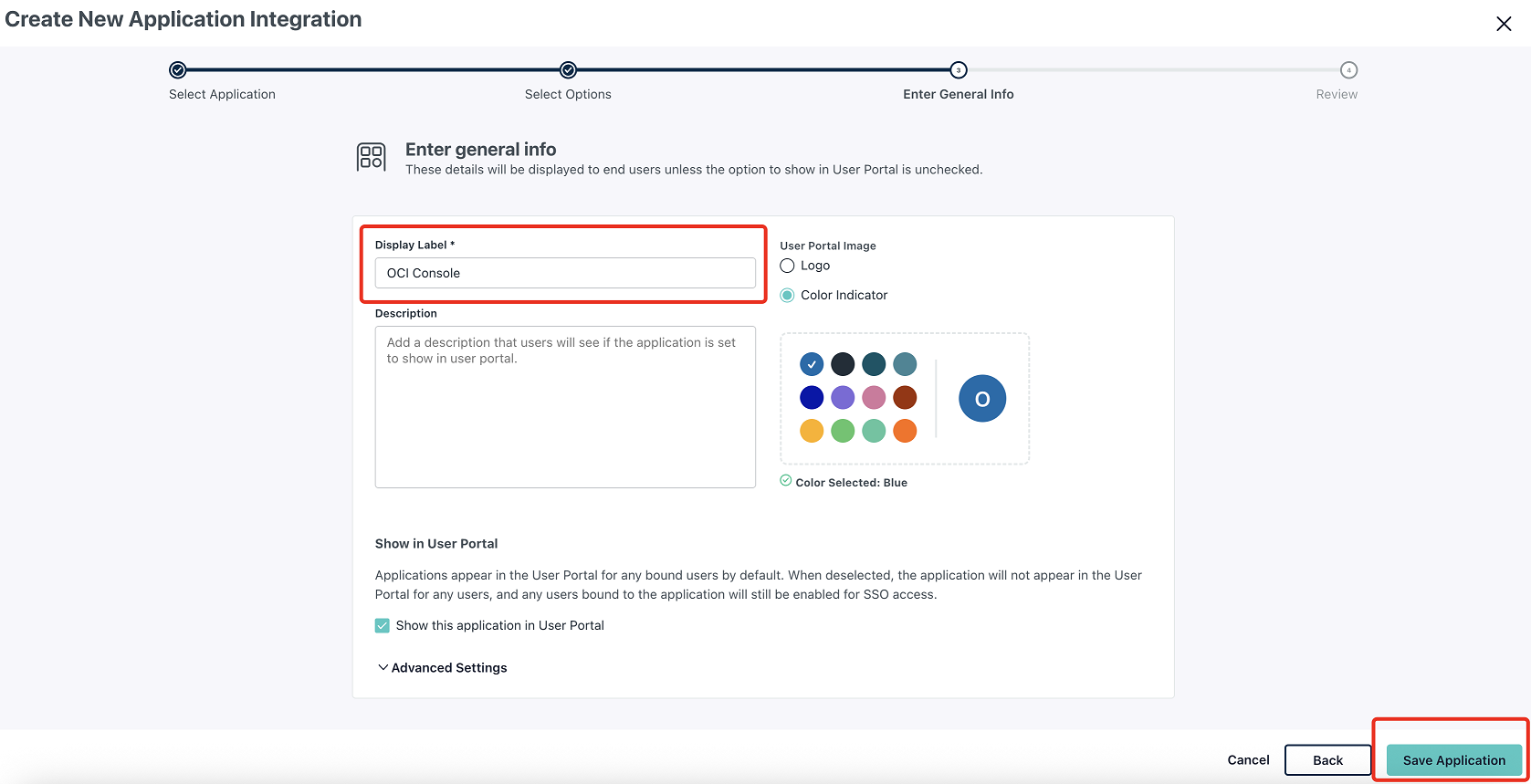

Immettere un nome in Etichetta visualizzazione (ad esempio,

OCI Console) e fare clic su Salva applicazione. Quindi, fare clic su Configura applicazione.

Task 1.3: Configurare l'applicazione SSO

La configurazione SSO è necessaria nell'applicazione personalizzata appena creata.

-

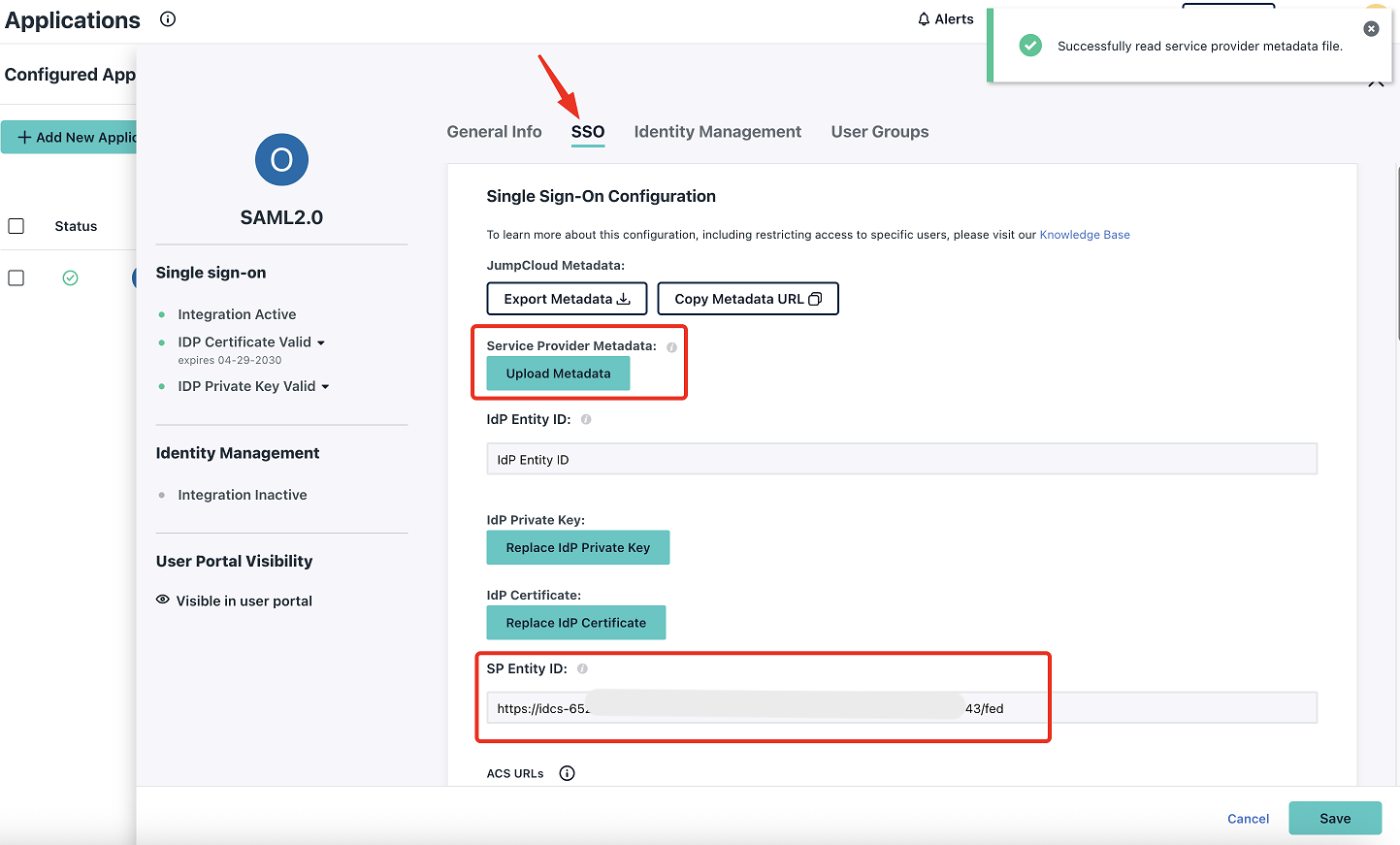

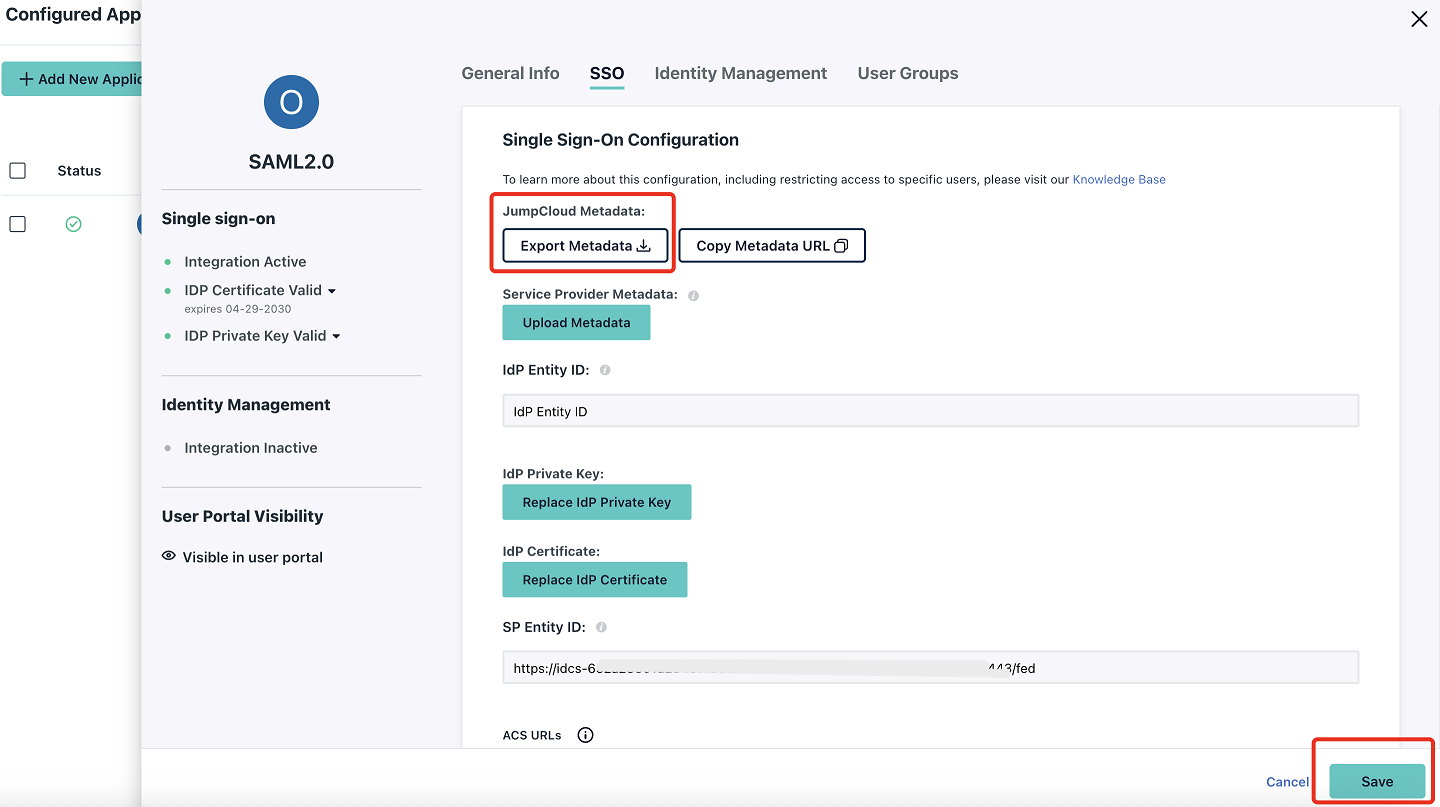

Nella scheda SSO, in Metadati provider di servizi, fare clic su Carica metadati e selezionare il file di metadati SP salvato nel task 1.1.8.

-

Se l'ID entità SP e gli URL ACS vengono inseriti automaticamente, il file XML è stato analizzato correttamente.

In JumpCloud Metadata fare clic su Esporta metadati e salvare questo file XML localmente nel computer, ovvero i metadati IdP. Al termine, fare clic su Salva.

Task 1.4: abilitare JumpCloud come IdP per IAM OCI

Viene creato un nuovo IdP che rappresenta JumpCloud. Al termine, il criterio IdP viene impostato per abilitare l'autenticazione SSO.

-

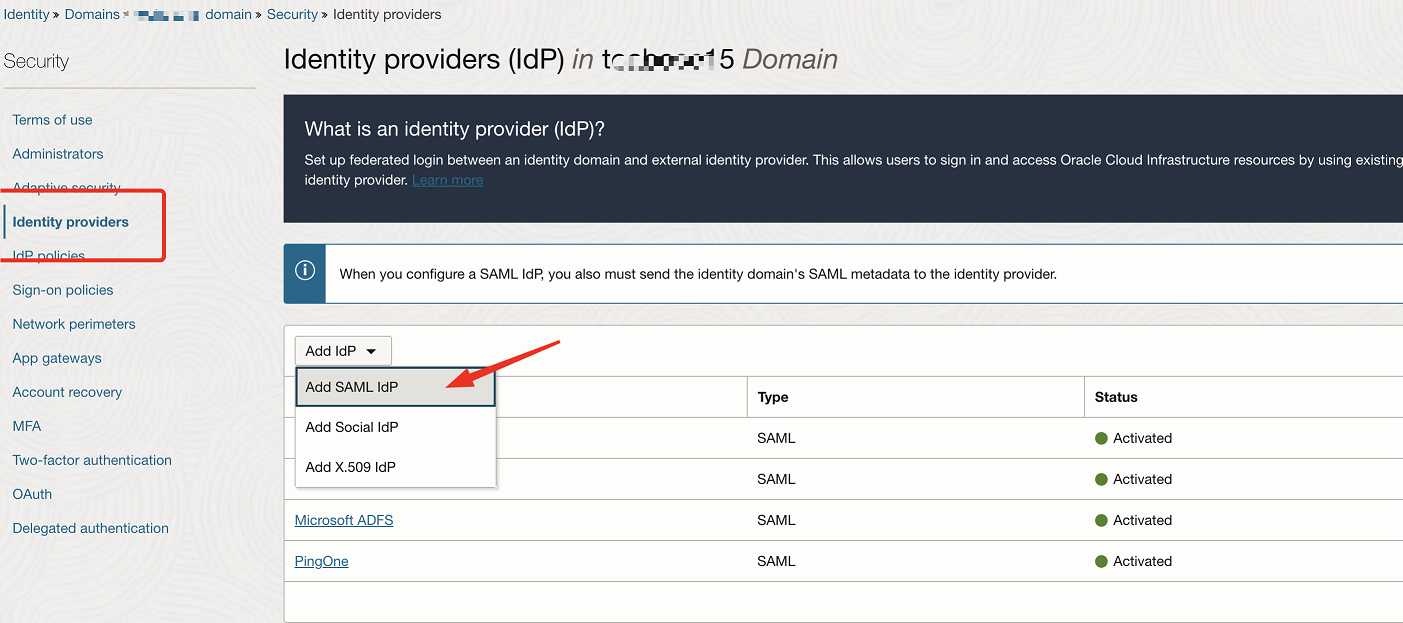

In OCI Console andare al dominio, selezionare Sicurezza e fare clic su Provider di identità.

-

Selezionare Aggiungi IdP, quindi fare clic su Aggiungi SAML IdP.

-

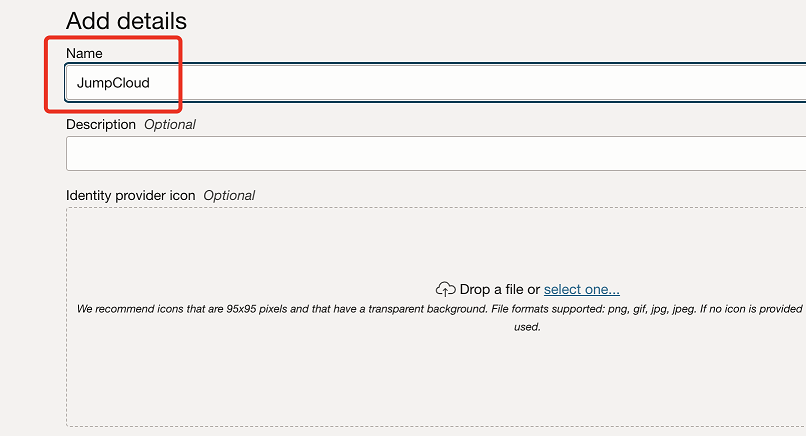

Immettere un nome (ad esempio,

JumpCloud) per SAML IdP e fare clic su Successivo.

-

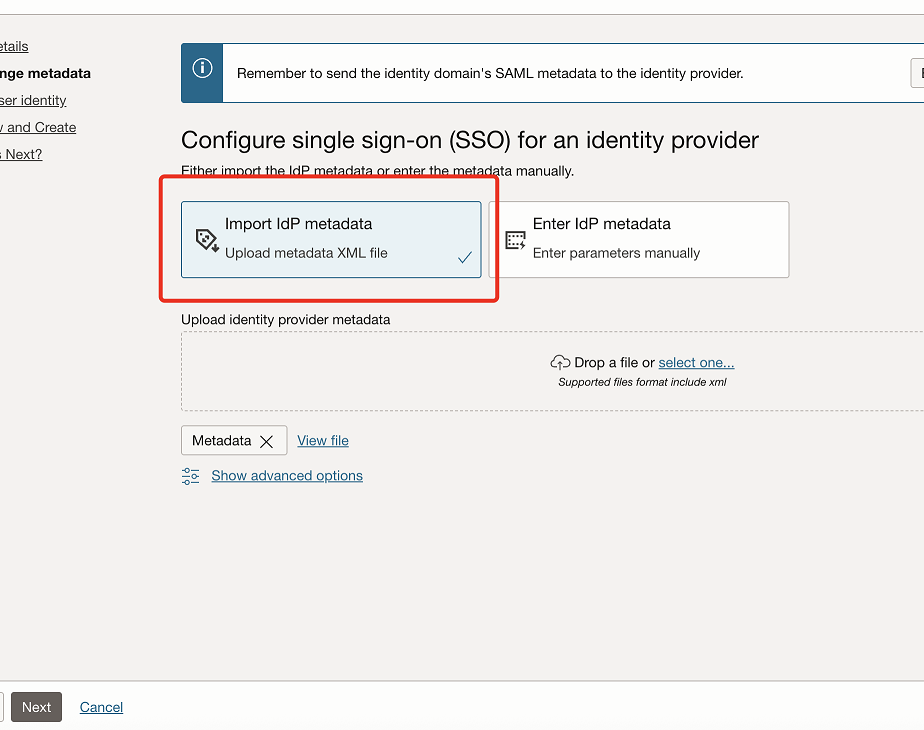

Assicurarsi di selezionare Importa metadati IdP. In Carica metadati provider di identità caricare i metadati IdP dal task 1.3.2 e fare clic su Successivo.

-

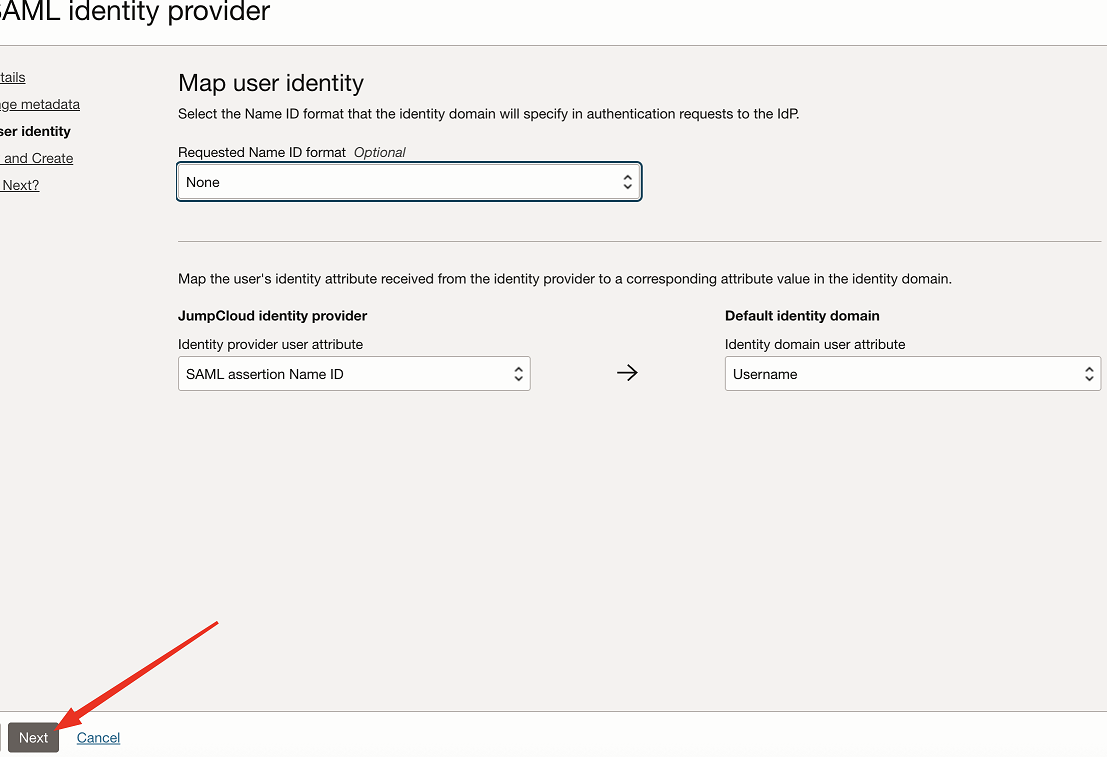

In Mappa identità utente, immettere le informazioni riportate di seguito e fare clic su Avanti.

- Formato NameID richiesto: selezionare Nessuno.

- Attributo utente del provider di identità: selezionare ID nome asserzione SAML.

- Attributo utente del dominio di Identity: selezionare Nome utente.

-

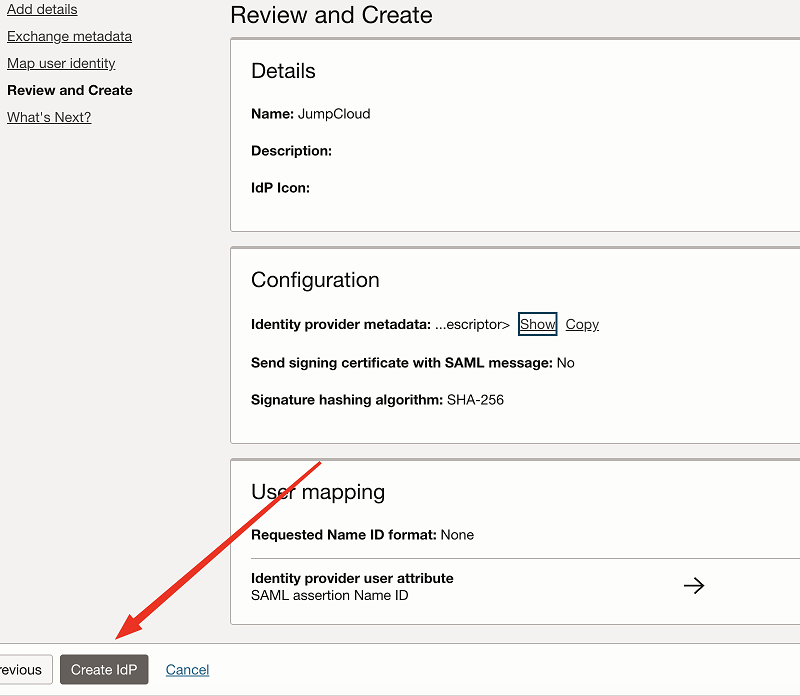

In Rivedi e crea, verificare la configurazione e fare clic su Crea IdP.

-

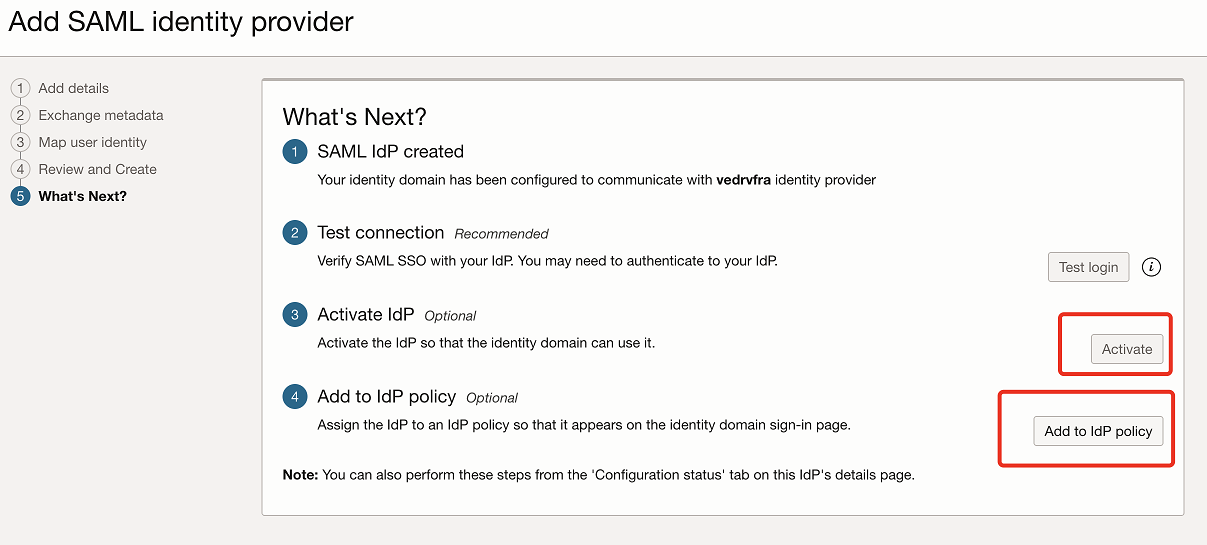

Fare clic su Attiva, quindi su Aggiungi a criterio IdP.

Nota: in un dominio a cui non sono associate applicazioni, è presente un solo criterio IdP predefinito. Ciò significa essenzialmente che tutte le applicazioni rientrano nell'ambito di questo criterio, inclusa OCI Console. Se il dominio dispone di criteri IdP personalizzati che indirizzano separatamente applicazioni specifiche, assicurarsi di aggiungere le regole necessarie per indirizzare la console OCI. Prestare attenzione, in quanto qualsiasi configurazione errata può comportare un blocco.

-

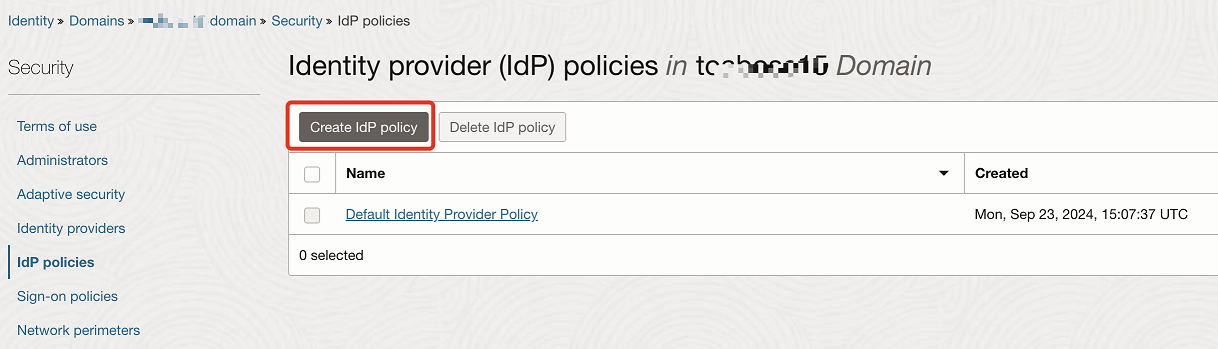

Fare clic su Crea criterio IdP.

-

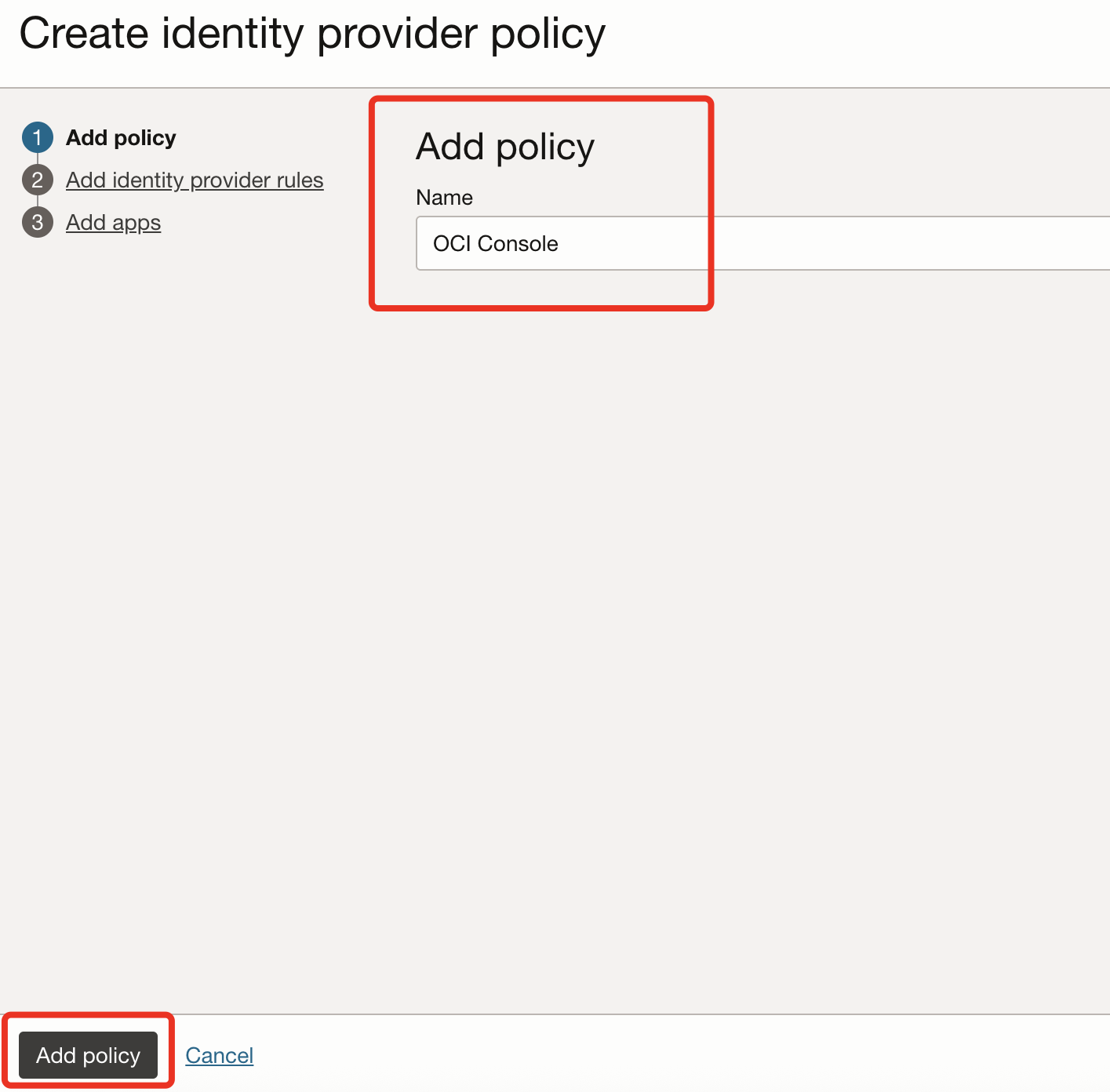

In Aggiungi criterio, immettere un nome (ad esempio,

OCI Console) e fare clic su Aggiungi criterio.

-

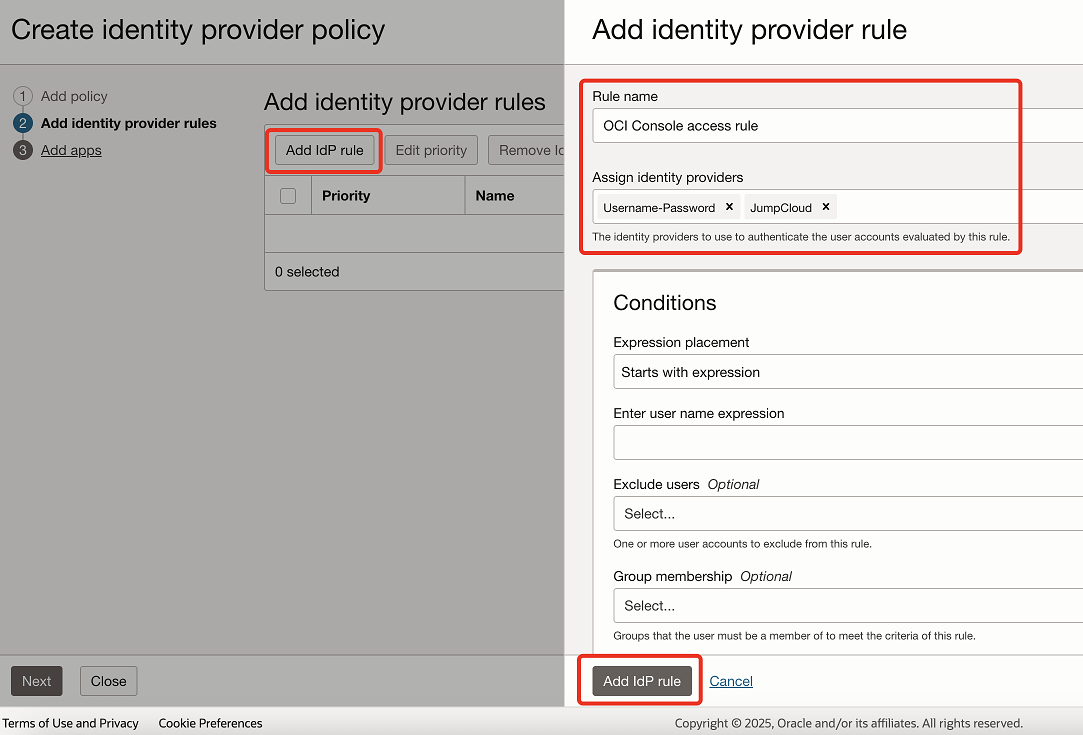

In Aggiungi regole provider di identità, fare clic su Aggiungi regola IdP e immettere un nome regola. Ad esempio,

OCI Console access rule.In Assegna provider di identità, selezionare Password nome utente e JumpCloud. Al termine, fare clic su Aggiungi regola IdP, quindi su Successivo.

Nota: l'opzione Password-nomeutente viene aggiunta per preservare l'autenticazione locale. Ciò evita un blocco nel caso in cui si verifichino problemi nelle impostazioni della federazione.

-

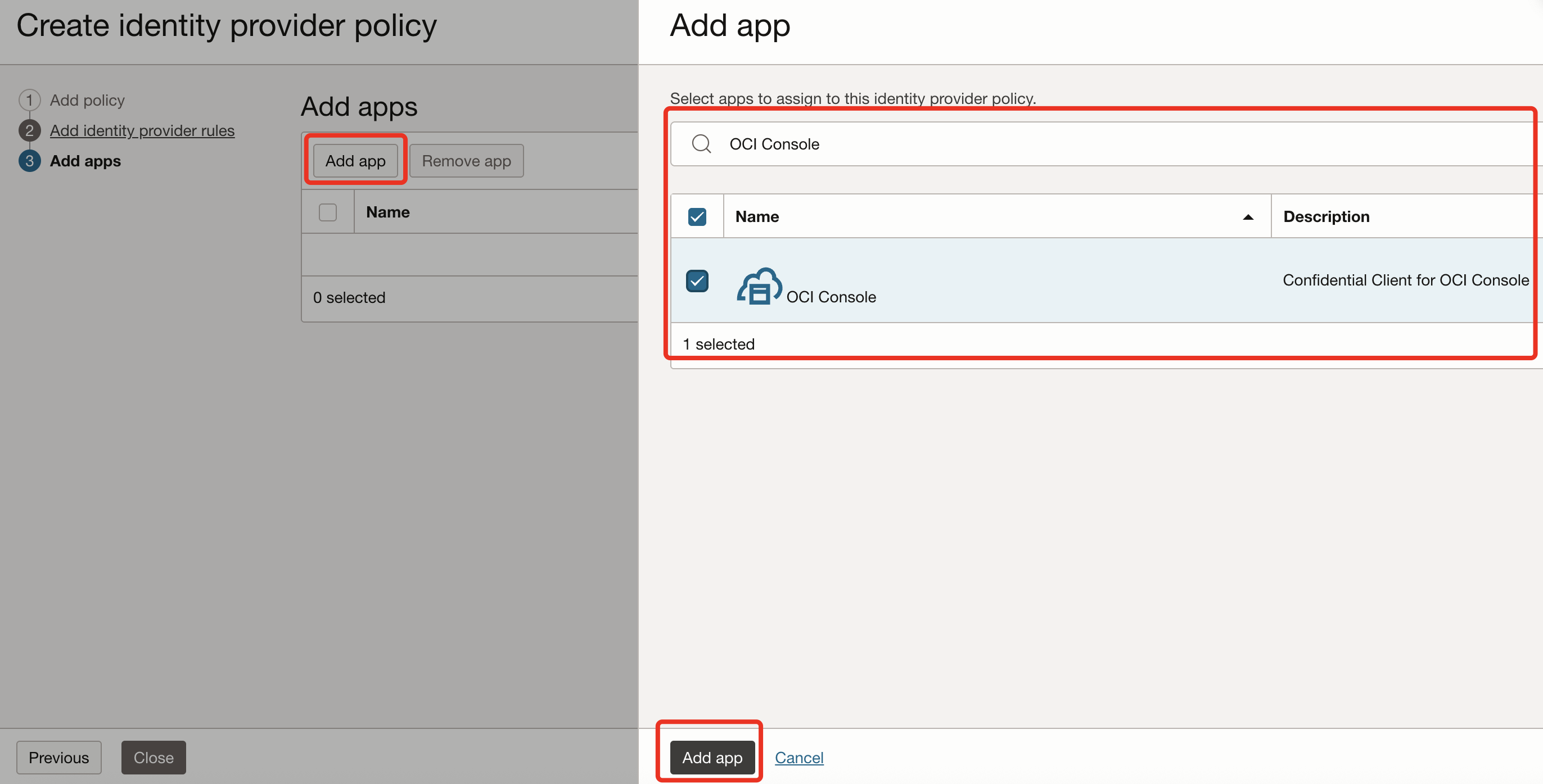

Fare clic su Aggiungi applicazione, cercare e selezionare Console OCI dalla lista. Fare clic su Aggiungi applicazione, quindi su Chiudi.

Sezione 2: Impostazione del provisioning utente basato su SCIM 2.0

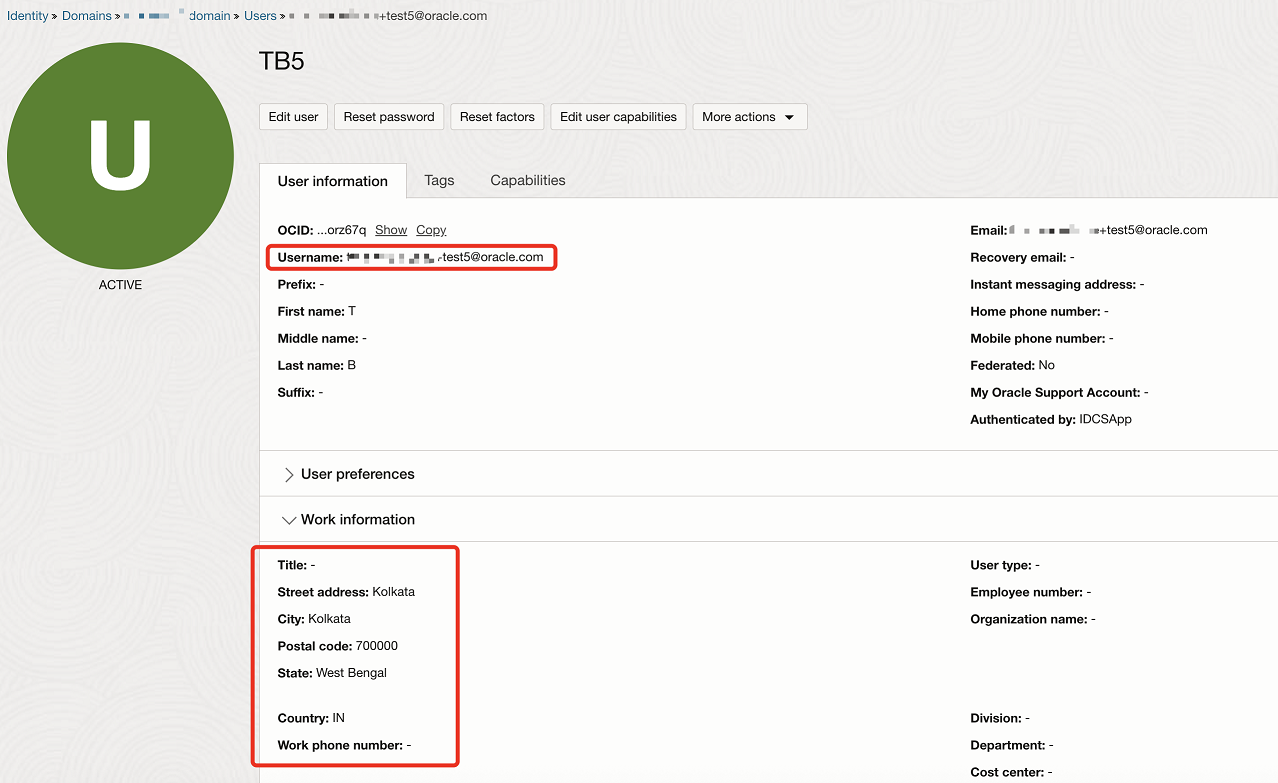

La gestione del ciclo di vita dell'utente viene configurata tra JumpCloud e IAM OCI, dove JumpCloud funge da area di memorizzazione delle identità. Assicurarsi che tutti gli utenti destinati al provisioning a valle dispongano di valori appropriati popolati per gli attributi seguenti:

- Nome

- Cognome

- E-mail aziendale

- Nome visualizzato

- Paese ufficio

- Città lavoro (località)

- Stato di lavoro

- Indirizzo di lavoro

- Codice postale

Nota: il mapping tra E-mail dell'azienda e nome utente garantisce la coerenza in SAML Oggetto/NameID ed è necessario per consentire il funzionamento di SSO. Ad esempio:

><saml2:Subject><saml2:NameID Format="urn:oasis:names:tc:SAML:1.0:nameid-format:unspecified">XXX+test4@oracle.com</saml2:NameID> >

Task 2.1: Creare un'applicazione riservata in IAM OCI e generare un token segreto

Un client OAuth 2.0 è registrato in IAM OCI. I flussi appropriati sono abilitati e vengono concessi i privilegi. Vengono raccolte le credenziali per questo client.

-

Andare a OCI Console, andare a Domini e selezionare il dominio utilizzato nella Sezione 1.

-

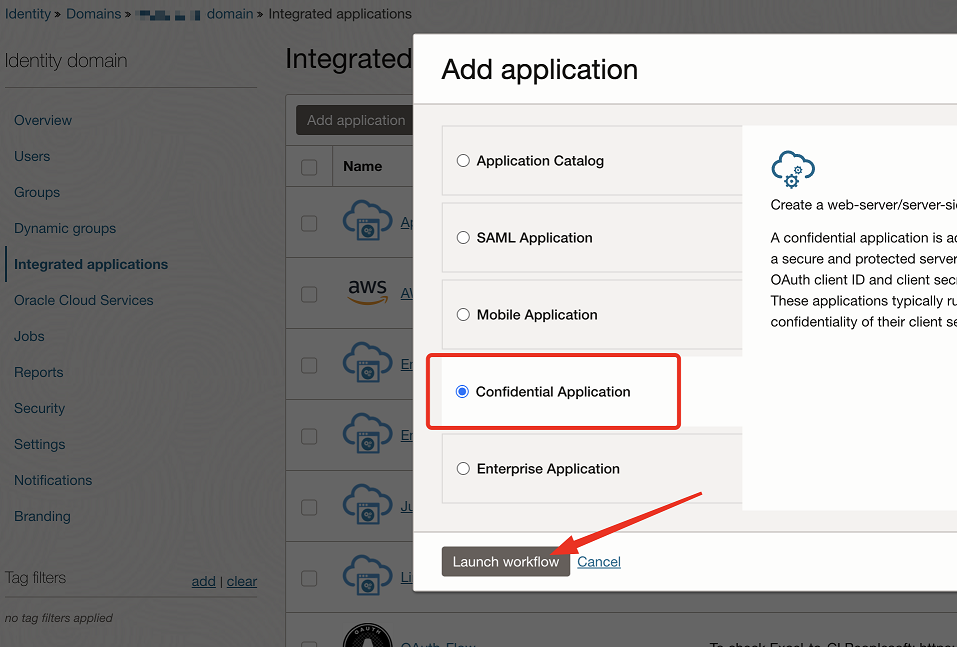

Andare a Applicazioni integrate, selezionare Aggiungi applicazione, Applicazione riservata e fare clic su Avvia flusso di lavoro.

-

Immettere un nome (ad esempio,

SCIMclient) per l'applicazione riservata e fare clic su Successivo. -

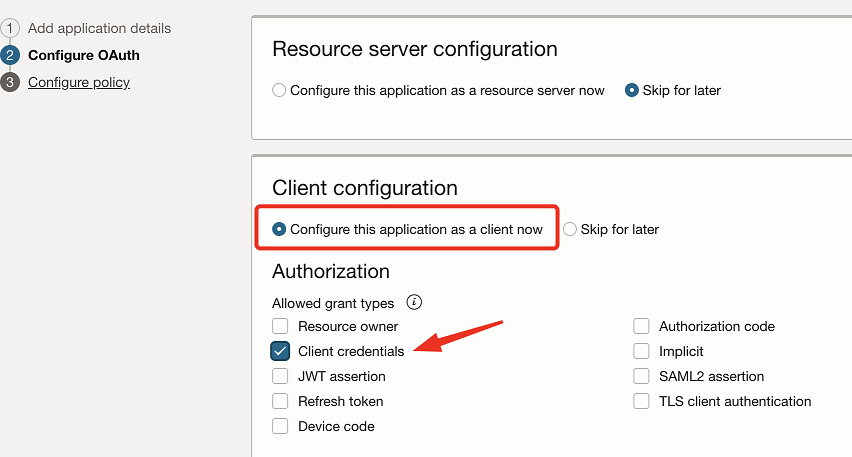

Nella sezione Configurazione client, selezionare Configura questa applicazione come client ora e in Autorizzazione selezionare Credenziali client.

-

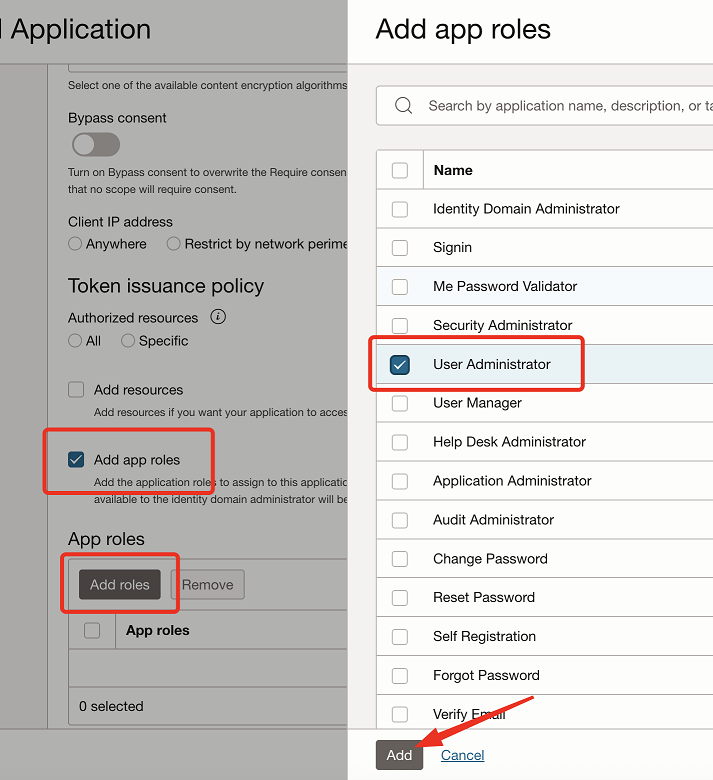

Selezionare Aggiungi ruoli applicazione e fare clic su Aggiungi ruoli. Nella pagina Aggiungi ruoli applicazione selezionare Amministratore utente e fare clic su Aggiungi.

-

Fare clic su Avanti e su Fine.

-

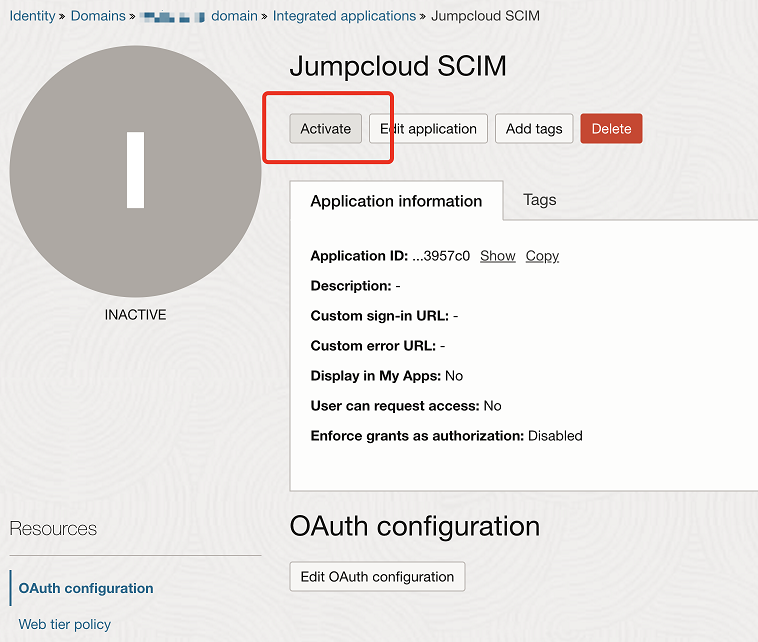

Fare clic su Attiva per attivare la nuova applicazione.

-

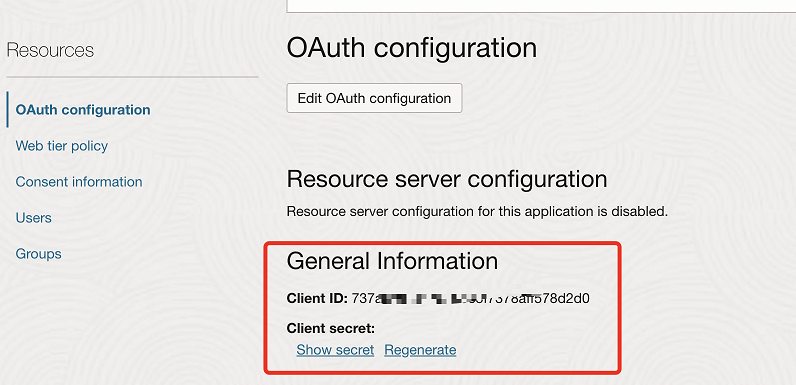

Nella sezione Informazioni generali, prendere nota dell'ID client e del segreto client, quindi selezionare Mostra segreto per visualizzare il testo normale.

-

Il token segreto è la codifica base64 di clientID e clientsecret.

-

Per Windows, aprire PowerShell ed eseguire il comando seguente per generare la codifica base64.

[Convert]::ToBase64String([Text.Encoding]::UTF8.GetBytes("<clientID>:<clientsecret>”)) -

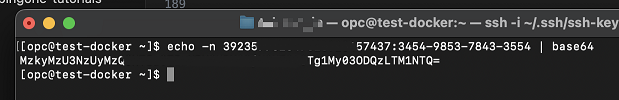

Per MacOS, utilizzare Terminale per eseguire il comando seguente.

echo -n <clientID>:<clientsecret> | base64Viene restituito il token segreto. Ad esempio:

echo -n 392357752xxxx7523923457437:3454-9853-7843-3554 | base64 Nk0NzUyMzxxxxxxxxxxxxxxxMzMtNTQzNC05ODc4LTUzNQ==

-

-

Prendere nota del token segreto.

Task 2.2: trovare il GUID IAM OCI

I dettagli dell'endpoint SCIM sono richiesti dal client per effettuare chiamate API.

-

Andare a OCI Console, andare a Domini e selezionare il dominio utilizzato nella Sezione 1.

-

Selezionare Copia accanto a URL dominio in Informazioni dominio e prendere nota di ciò. Deve essere simile alla seguente:

https://<IdentityDomainID>.identity.oraclecloud.com:443 -

Aggiungere

/admin/v1alla fine dell'URL. L'URL finale dovrebbe essere il seguente:https://<IdentityDomainID>.identity.oraclecloud.com:443/admin/v1 -

Prendi nota dell'URL.

Task 2.3: Configurare Identity Management nell'applicazione JumpCloud

Andare all'indirizzo JumpCloud, vengono inseriti l'endpoint SCIM e le credenziali OAuth 2.0.

-

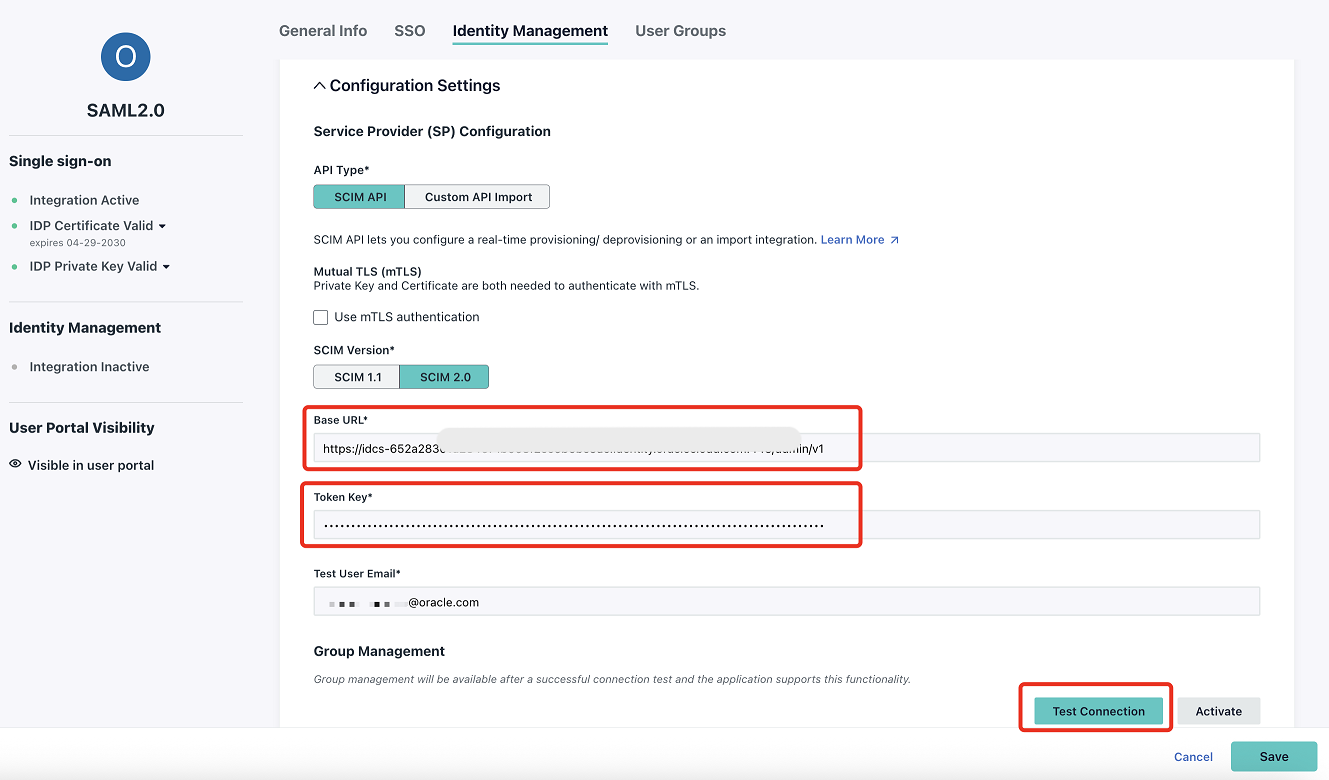

Aprire l'applicazione SSO creata nel task 1.1.2 e andare a Identity Management.

-

Immettere le informazioni riportate di seguito e fare clic su Test connessione.

- Tipo di API: selezionare API SCIM.

- Versione SCIM: selezionare SCIM 2.0.

- URL di base: immettere l'URL di base dal task 2.2.4.

- Chiave token: immettere il token segreto generato dal task 2.1.10.

- E-mail utente di test: immettere un indirizzo e-mail per un utente nella directory JumpCloud.

Nota: se la connessione riesce, la personalizzazione degli attributi utente SCIM diventa disponibile. Per impostazione predefinita, i gruppi vengono sincronizzati con OCI, ma è possibile modificarli disattivando OFF la funzione Gestione gruppi.

-

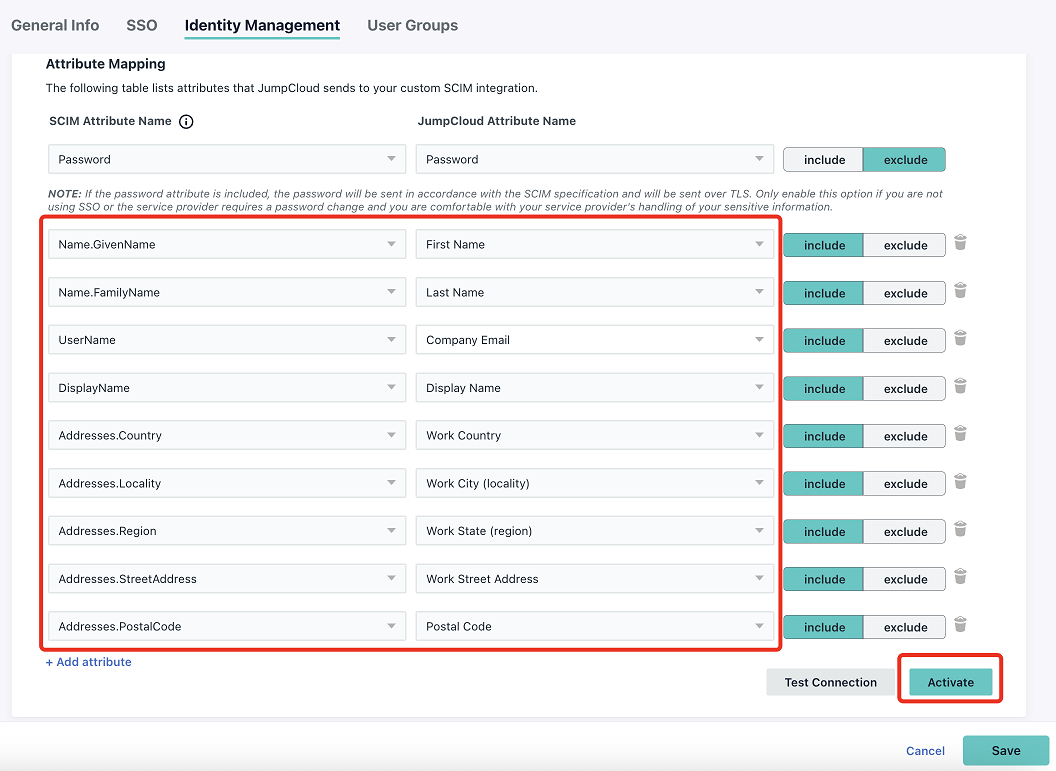

In Nome attributo SCIM fare clic su + Aggiungi attributo per creare i mapping degli attributi in base all'immagine seguente. Al termine, fare clic su Attiva.

-

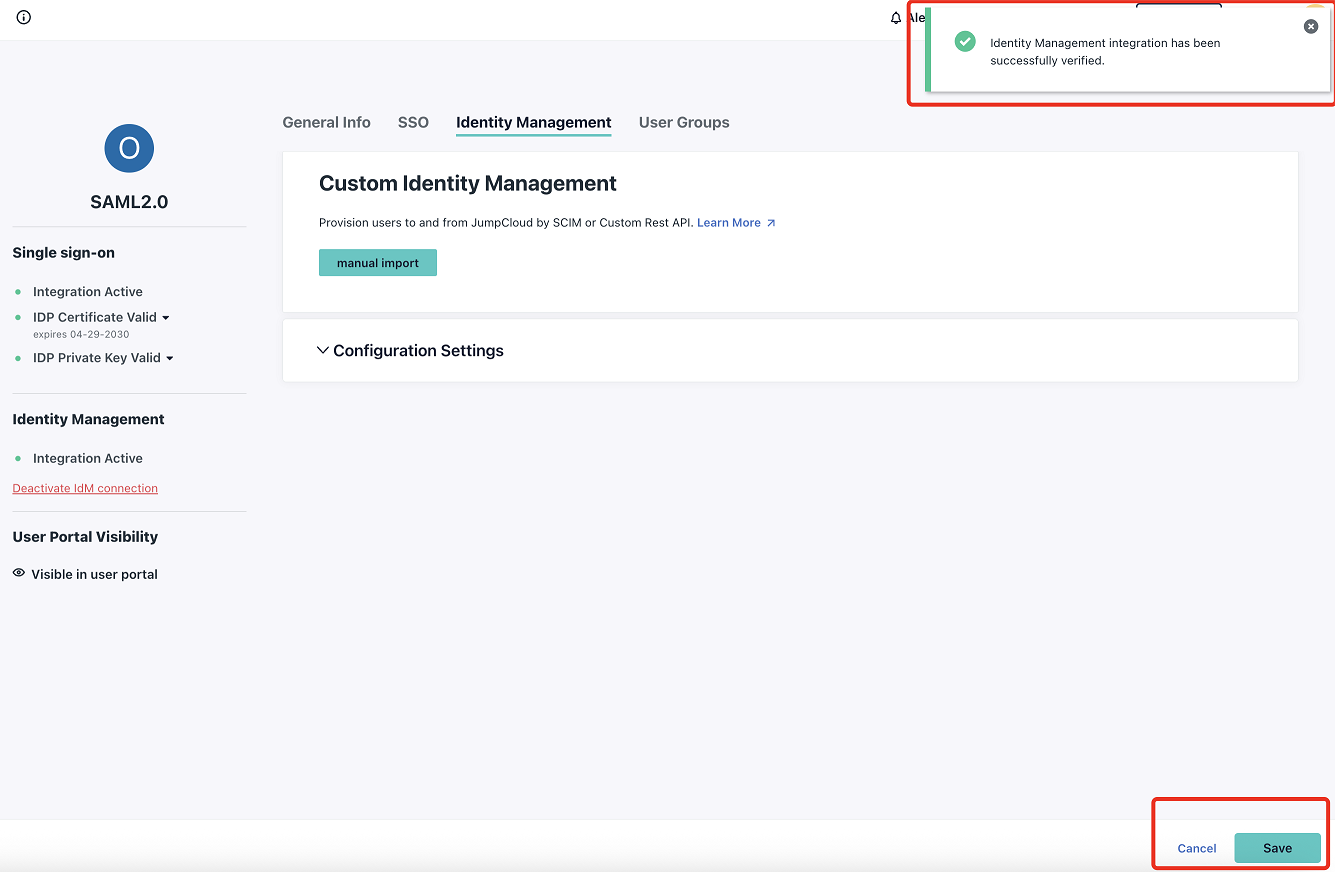

Deve essere presente una notifica relativa alla connessione in fase di verifica. Fare clic su Salva.

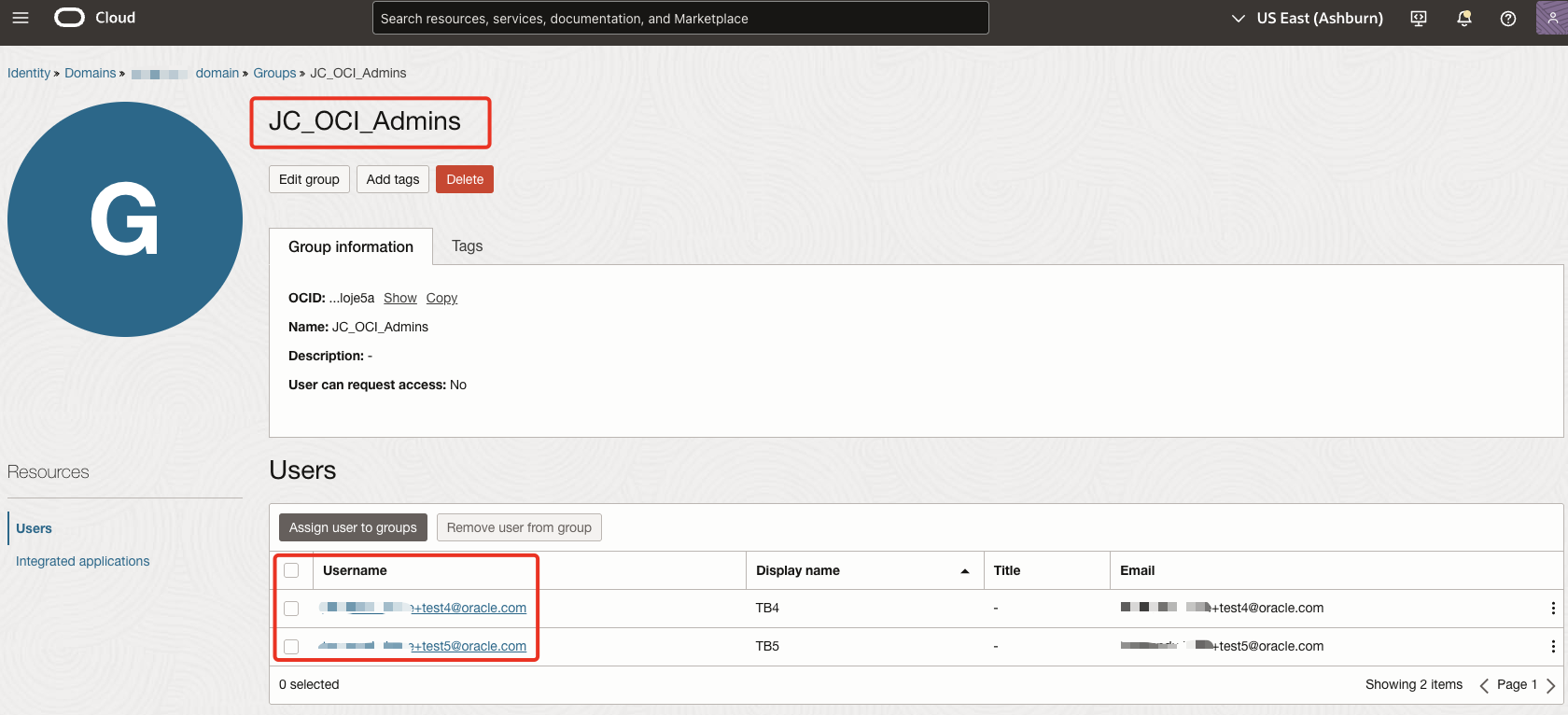

Task 2.4: Assegnazione di gruppi all'applicazione JumpCloud

Nota: come prerequisito, creare i gruppi per gli amministratori OCI in JumpCloud prima di continuare.

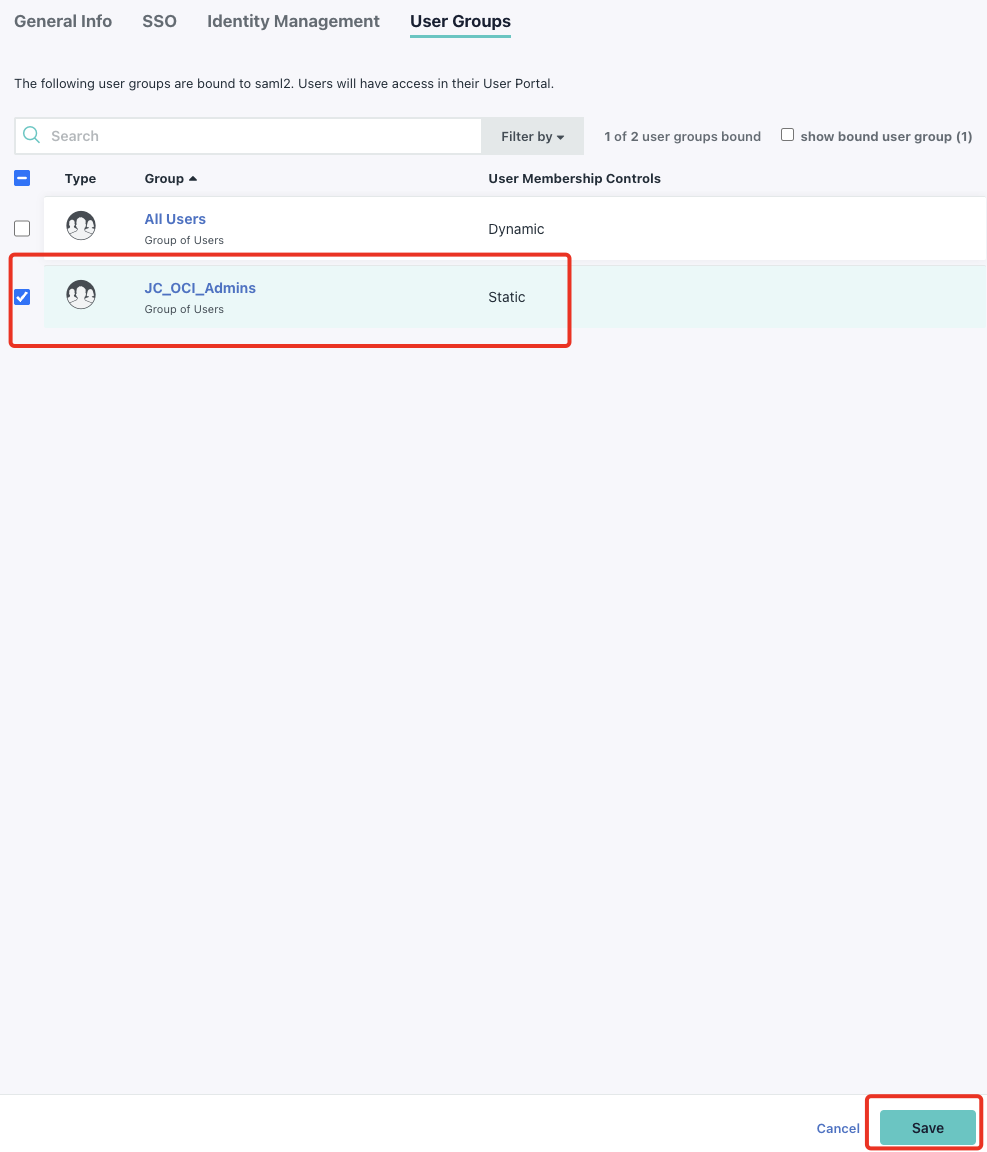

Ora, i gruppi che richiedono l'accesso alle risorse Oracle sono allineati per il provisioning.

-

Aprire l'applicazione SSO e andare alla scheda Gruppi utenti.

-

Selezionare i gruppi di cui è necessario eseguire il provisioning in OCI e fare clic su Salva.

Sezione 3: Test e convalida

Nota: affinché SSO funzioni, l'account utente SSO deve essere presente sia in IAM OCI che in JumpCloud.

Infine, le identità sincronizzate vengono convalidate e l'autenticazione federata viene testata.

-

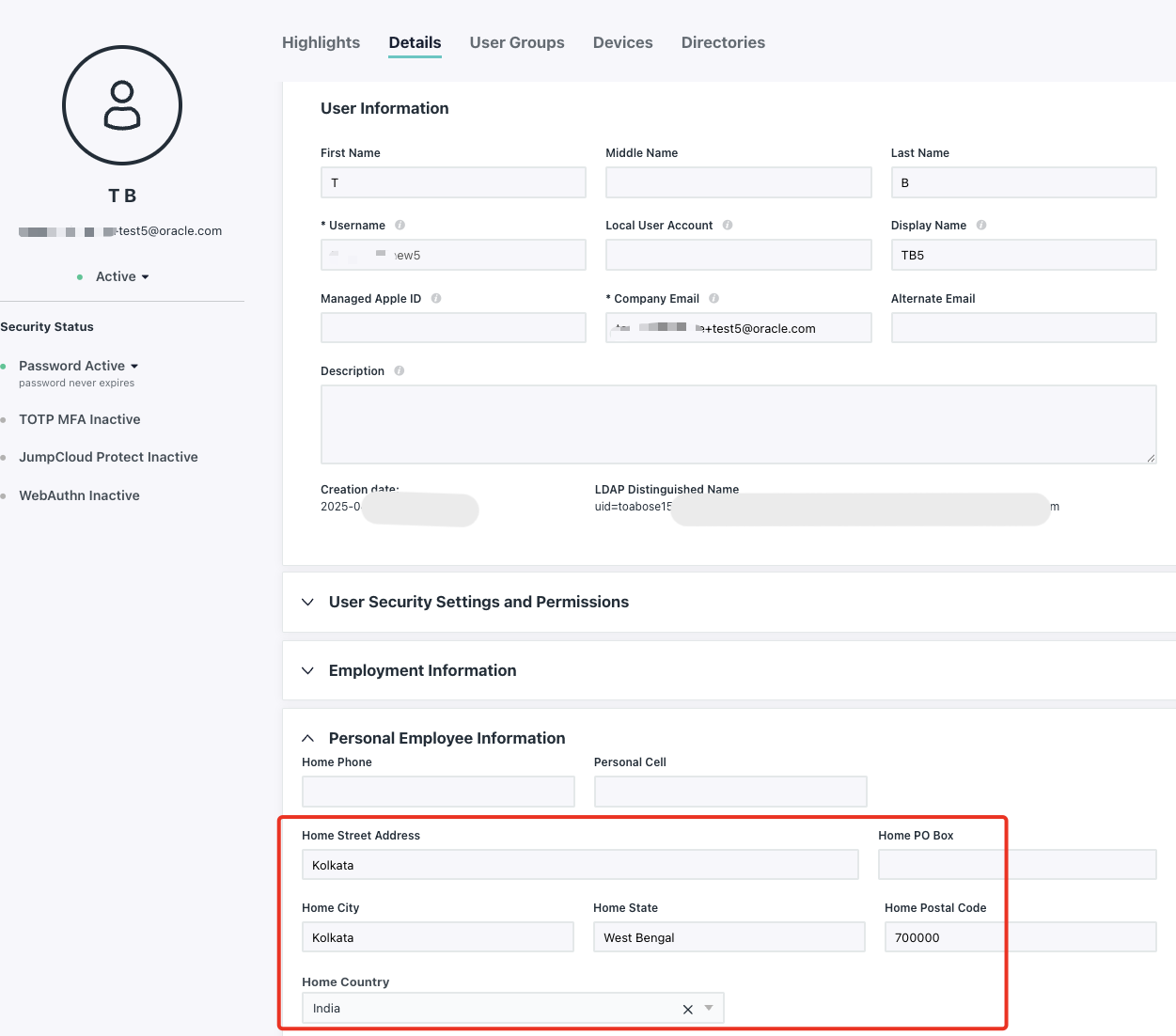

Aprire uno degli utenti sia in JumpCloud che in OCI Console per convalidare la corrispondenza dei dettagli.

-

Ripetere lo stesso processo per verificare che i gruppi siano sincronizzati.

Nota: dopo la sincronizzazione delle identità, verrà convalidato il login SSO.

-

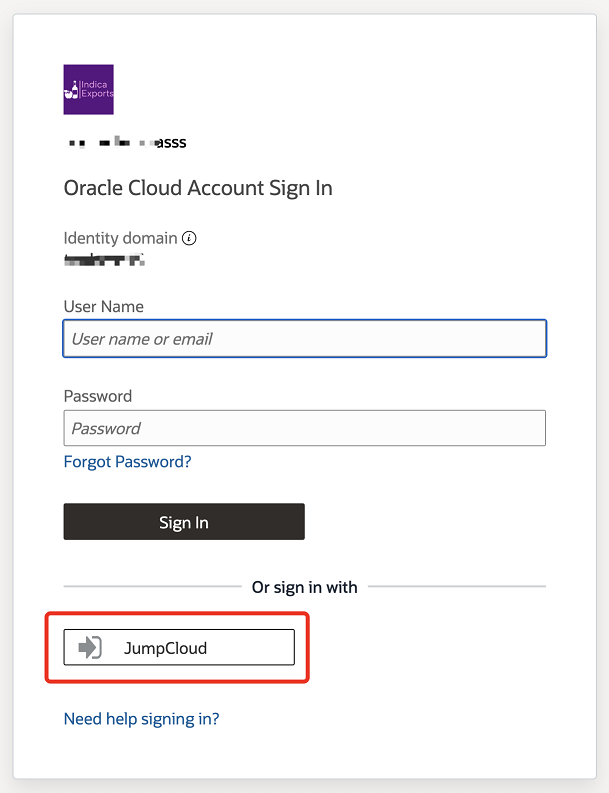

In una nuova finestra del browser, aprire OCI Console. Immettere Nome account cloud, indicato anche come nome della tenancy, quindi fare clic su Successivo.

-

Selezionare il dominio di Identity in cui è stata configurata la federazione JumpCloud.

-

Nella pagina Accesso all'account Oracle Cloud selezionare JumpCloud. Dovrebbe esserci un reindirizzamento alla pagina di login di JumpCloud.

-

Immettere le credenziali JumpCloud per l'utente federato. Una volta eseguita l'autenticazione, è necessario eseguire un reindirizzamento a OCI Console.

Conclusione

Questa integrazione elimina la necessità per gli amministratori di gestire credenziali OCI separate, migliorando la sicurezza e semplificando la gestione degli accessi. Ciò aiuta anche nella gestione delle identità, riducendo il sovraccarico amministrativo ed eliminando la ridondanza.

Conferme

- Autore - Tonmendu Bose (ingegnere senior cloud)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Set up Single Sign-On and User Provisioning between OCI IAM and JumpCloud

G33639-02