Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriversi a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Quando completi il tuo laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Impostare la connessione RPC tra due tenant e i relativi gateway di instradamento dinamico

Introduzione

In un ambiente Oracle Cloud Infrastructure (OCI) multi-tenant, consentire una comunicazione sicura ed efficiente tra tenant diversi è fondamentale per le architetture di rete ibride e distribuite. Un modo per raggiungere questo obiettivo è impostare una connessione RPC (Remote Peering Connection) tra due tenant e i gateway di instradamento dinamico (DRG) corrispondenti.

Obiettivi

- Configura un RPC tra due DRG in tenant OCI separati, garantendo una connettività perfetta tra le reti. Alla fine, avrai un'impostazione RPC funzionante che consente un flusso di traffico sicuro tra i tenant, aiutandoti a creare architetture multi-tenant affidabili in OCI.

Prerequisiti

-

Accesso a due tenant OCI: per configurare i componenti di rete sono necessarie le autorizzazioni di amministratore o appropriate in entrambi i tenant OCI.

-

DRG in entrambi i tenant: ogni tenant deve avere un DRG già creato e collegato a una rete cloud virtuale (VCN).

-

Compatibilità delle aree: i DRG devono trovarsi nelle stesse o diverse aree commerciali OCI che supportano l'RPC. L'RPC tra più aree è supportato, ma entrambe le aree devono essere accessibili. Il richiedente deve essere sottoscritto all'area Accettatore.

-

Connettività pubblica o privata: decidere se consentire la comunicazione su IP privati e assicurarsi che vengano pianificati blocchi CIDR della subnet appropriati per evitare conflitti.

-

VCN e configurazione di instradamento: le VCN in entrambi i tenant devono disporre di tabelle di instradamento e liste di sicurezza configurate correttamente per consentire il traffico su RPC.

-

Criteri per il peering cross-tenant: assicurarsi che i criteri Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) siano in atto per consentire il peering DRG tra tenant OCI diversi. Potrebbe essere necessario definire criteri per entrambi i tenant per stabilire l'affidabilità.

Task 1: Determinare il richiedente e il tenant accettante

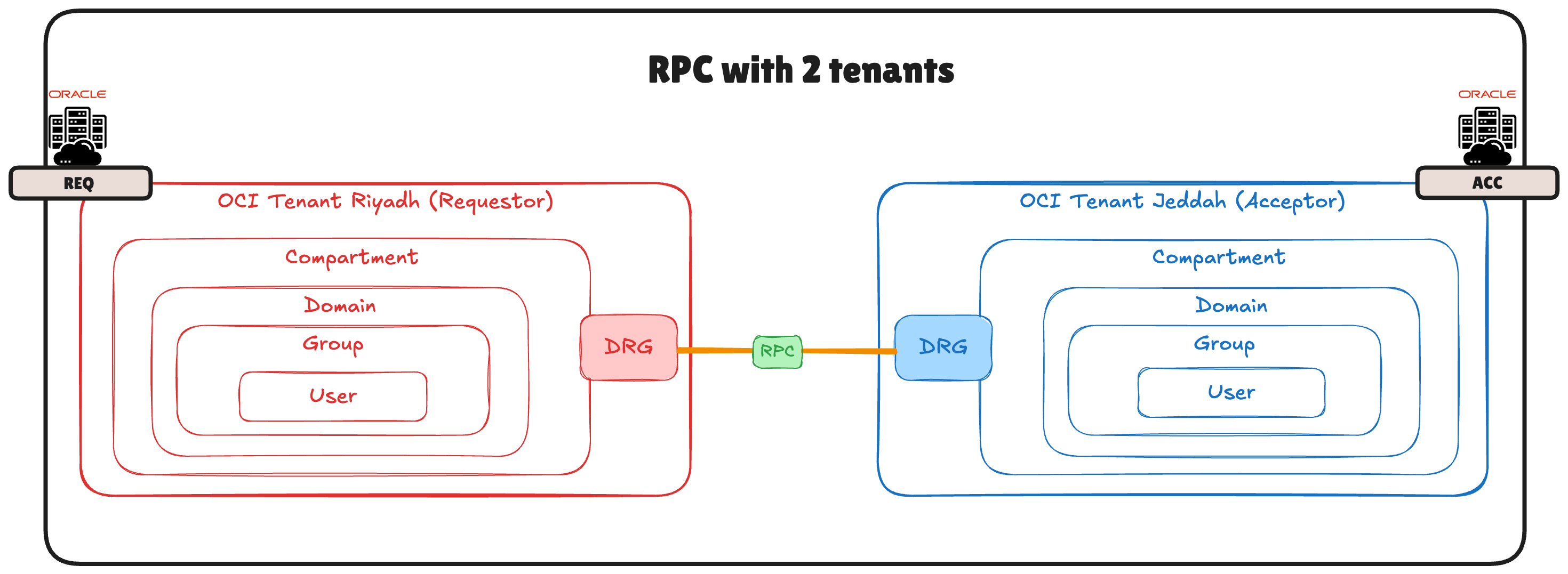

In Oracle Cloud Infrastructure (OCI), durante l'impostazione delle comunicazioni tra cloud o della condivisione delle risorse, è fondamentale definire quale tenant è il richiedente e quale è l'accettatore in termini di criteri IAM OCI. Questi ruoli sono gestiti dai criteri IAM OCI, che definiscono le autorizzazioni per utenti, gruppi e compartimenti.

Definendo i ruoli Richiedente e Accettante in modo chiaro all'interno dei criteri IAM OCI, garantisci che le autorizzazioni siano impostate correttamente per consentire un accesso sicuro e controllato alle risorse tra tenant e compartimenti OCI. Entrambi i tenant devono lavorare insieme per garantire che vengano concesse le autorizzazioni appropriate e che i criteri IAM OCI siano impostati in modo conforme alle procedure ottimali di sicurezza.

-

Tenant richiesta: il richiedente è il tenant OCI (o un compartimento specifico all'interno di un tenant) che avvia una richiesta di accesso alle risorse da un altro tenant o compartimento OCI. I criteri IAM OCI del richiedente devono concedere le autorizzazioni necessarie per accedere alle risorse del accettante. Ad esempio, il richiedente potrebbe dover creare un criterio che consenta ai propri utenti di accedere a una risorsa nel tenant Acceptor.

Il richiedente deve inoltre assicurarsi che ai membri o ai gruppi che effettuano la richiesta siano assegnati i ruoli IAM OCI corretti.

-

Tenant accettazione: l'accettante è il tenant (o compartimento) OCI che riceve la richiesta di accesso e concede le autorizzazioni necessarie al richiedente. I criteri IAM OCI dell'accettatore devono definire le azioni che il richiedente può eseguire e le risorse a cui può accedere. I criteri dell'Accettatore devono inoltre specificare gli utenti o i gruppi a cui è consentito accettare tali richieste, garantendo che l'accesso sia gestito in modo sicuro.

Oltre a concedere l'accesso, l'accettante deve configurare i criteri IAM OCI per specificare le azioni che il richiedente è autorizzato a eseguire, garantendo il rispetto dell'ambito appropriato e dei principi dei privilegi minimi.

L'immagine seguente mostra un esempio di due tenant che sono collegati tra loro con RPC in cui uno di essi è definito come richiedente (REQ) e l'altro è l'accettatore (ACC).

Task 2: sottoscrizione dell'area Accettante all'area Richiedente

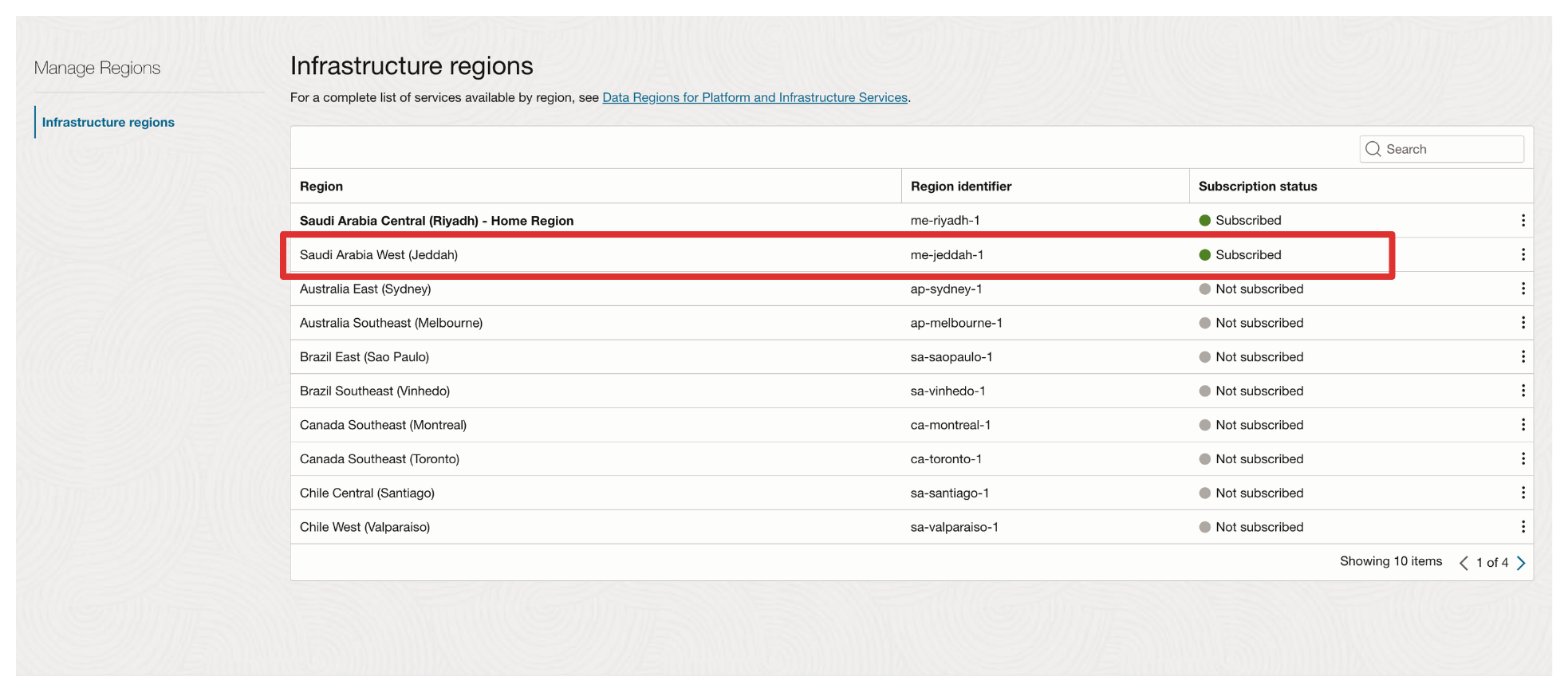

Nel contesto dell'impostazione di RPC tra due tenant OCI, il richiedente deve essere sottoscritto all'area tenant Acceptor, mentre l'accettante non deve essere sottoscritto all'area richiedente. Ecco perché:

Perché il richiedente deve essere sottoscritto al tenant Acceptor:

-

Avvio della comunicazione: il tenant richiedente è l'entità che avvia l'RPC inviando richieste al tenant Acceptor. Per consentire questa comunicazione, il Richiedente deve essere sottoscritto all'Accettatore, che gli consente di riconoscere e connettersi alla rete e ai servizi dell'Accettatore.

-

Stabilire fiducia e connettività: sottoscrivendo il tenant Acceptor, il tenant richiedente stabilisce la fiducia e la connettività necessarie per interagire con l'ambiente dell'accettatore. La sottoscrizione garantisce che il richiedente possa instradare correttamente il traffico e le richieste ai servizi dell'accettatore tramite la connessione peering.

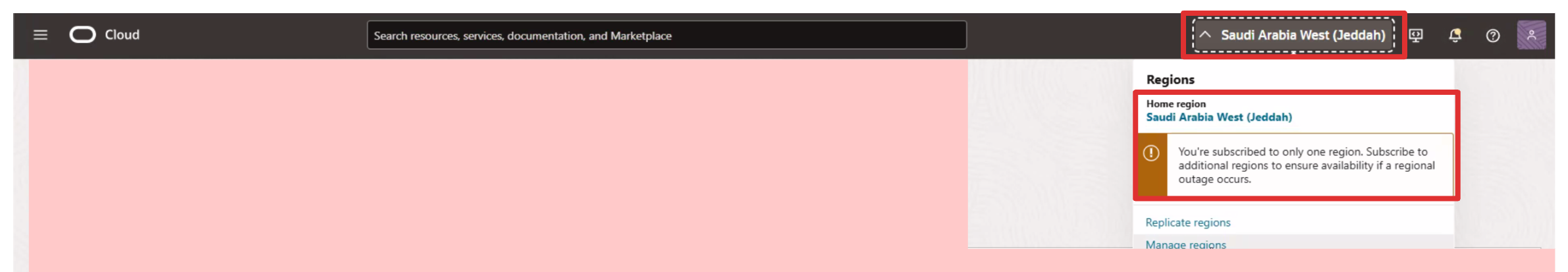

Perché l'accettazione non deve essere sottoscritta al tenant richiedente:

-

Ruolo passivo dell'accettatore: il tenant dell'accettatore riceve solo richieste dal tenant del richiedente e non avvia alcuna comunicazione. Poiché l'Accettatore risponde solo alle richieste fatte dal Richiedente, non è necessario iscriversi al Richiedente. Deve semplicemente essere accessibile e configurato per gestire le richieste in arrivo.

-

Comunicazione unidirezionale: gli RPC vengono in genere impostati con un flusso di comunicazione unidirezionale in cui il richiedente è il responsabile avvio. L'accettatore non richiede una sottoscrizione al tenant richiedente, in quanto non è necessario avviare o gestire le connessioni in uscita.

In sintesi, il Richiedente deve sottoscrivere l'Accettante per avviare RPC e stabilire la connettività, mentre l'Accettante deve essere configurato solo per rispondere alle richieste e non richiede una sottoscrizione al tenant Richiedente.

Nell'immagine seguente verrà visualizzato un esempio della console OCI dei richiedenti. Si noti che il richiedente ha eseguito la sottoscrizione all'area Accettatori.

Nell'immagine seguente verrà visualizzato un esempio della console OCI Acceptors. Notare che gli Accettatori non hanno sottoscritto l'area Richiedenti.

Task 3: Raccolta dei parametri obbligatori

Raccogliere i parametri necessari per creare il criterio IAM OCI per il richiedente e il lato Accettante. Di seguito è riportata la tabella che mostra i campi richiesti nel criterio IAM OCI per i tenant Acceptor e Requestor durante l'impostazione dell'accesso alla chiamata di procedura remota in OCI.

| Informazioni richieste | Tenant richiedente | Tenant accettazione |

|---|---|---|

| OCID tenancy | X | X |

| Nome gruppo | X | |

| OCID gruppo | X | |

| Nome compartimento | X | X |

Assicurarsi che queste informazioni vengano raccolte da entrambi i lati prima di creare il criterio IAM OCI.

Task 4: creare e configurare il criterio IAM OCI sul lato richiedente e accettazione

La documentazione ufficiale dei criteri IAM OCI per far funzionare l'RPC è disponibile qui: Peering remoto con un DRG aggiornato.

Quando si esaminano i criteri, viene visualizzato che nel criterio IAM OCI per il richiedente, alcune informazioni sono necessarie per l'accettatore e per il criterio IAM OCI accettante sono necessarie alcune informazioni per il richiedente. Questo rende a volte confuso creare le politiche, e se le politiche non sono corrette l'RPC non verrà fuori, e la risoluzione dei problemi sarà difficile.

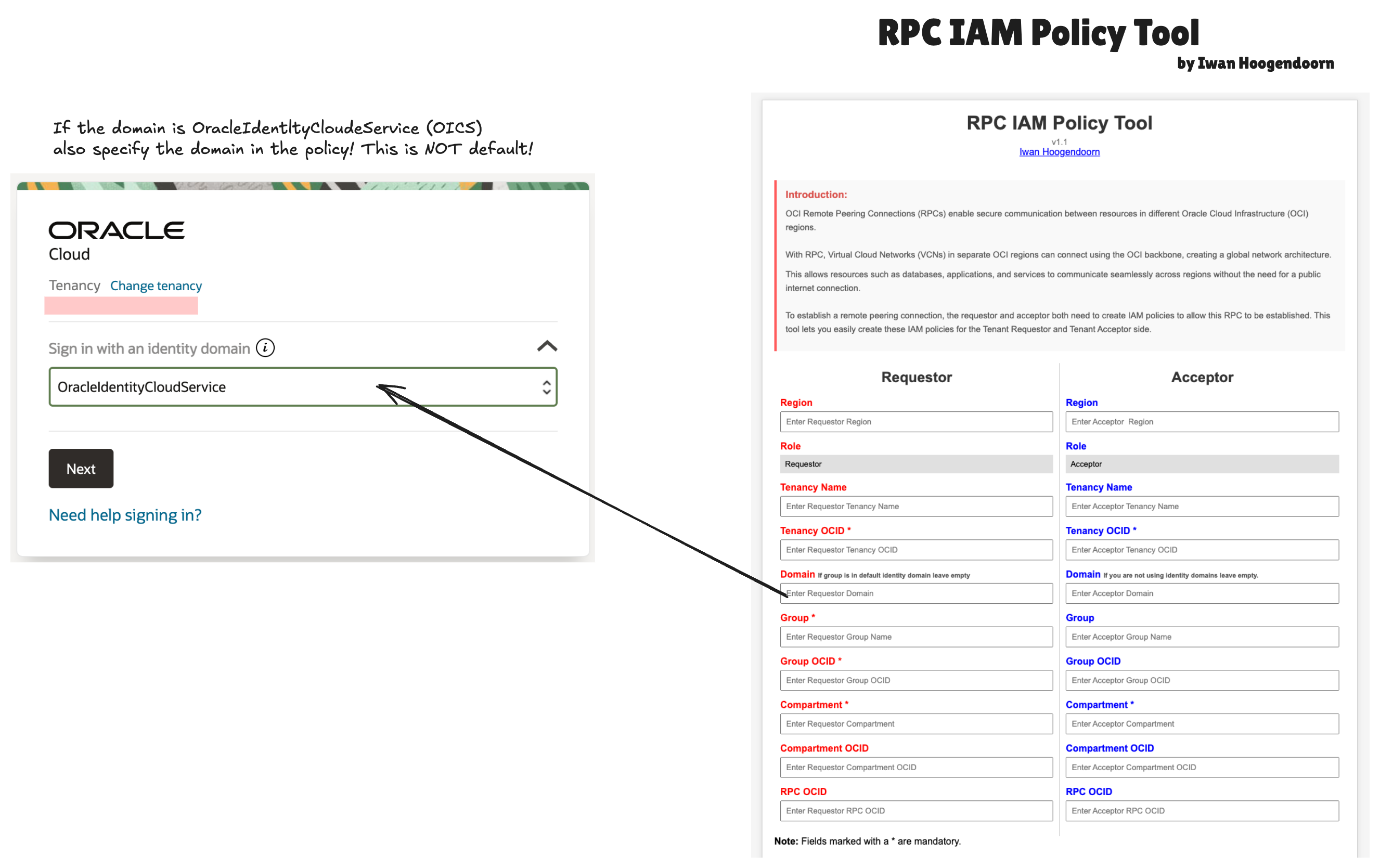

Per risolvere questo problema, abbiamo creato lo strumento di gestione dei criteri IAM RPC. Sono disponibili più architetture di rete RPC, ma lo strumento Criteri IAM RPC può essere utilizzato solo se si sta tentando di creare un RPC tra due tenant OCI diversi in cui ogni tenant dispone del proprio DRG.

Nell'immagine seguente viene visualizzato il modulo in cui lo strumento di gestione dei criteri IAM RPC fornisce tutti i dettagli richiesti. Il modulo richiederà ulteriori informazioni effettivamente necessarie, ma è consigliabile disporre di tutte le informazioni in un'unica posizione prima di iniziare a configurare l'RPC e i criteri IAM OCI sul lato Accettatore e Richiedente.

Le informazioni e i parametri del richiedente sono contrassegnati con il colore rosso e le informazioni e i parametri dell'accettatore sono contrassegnati con il colore blu.

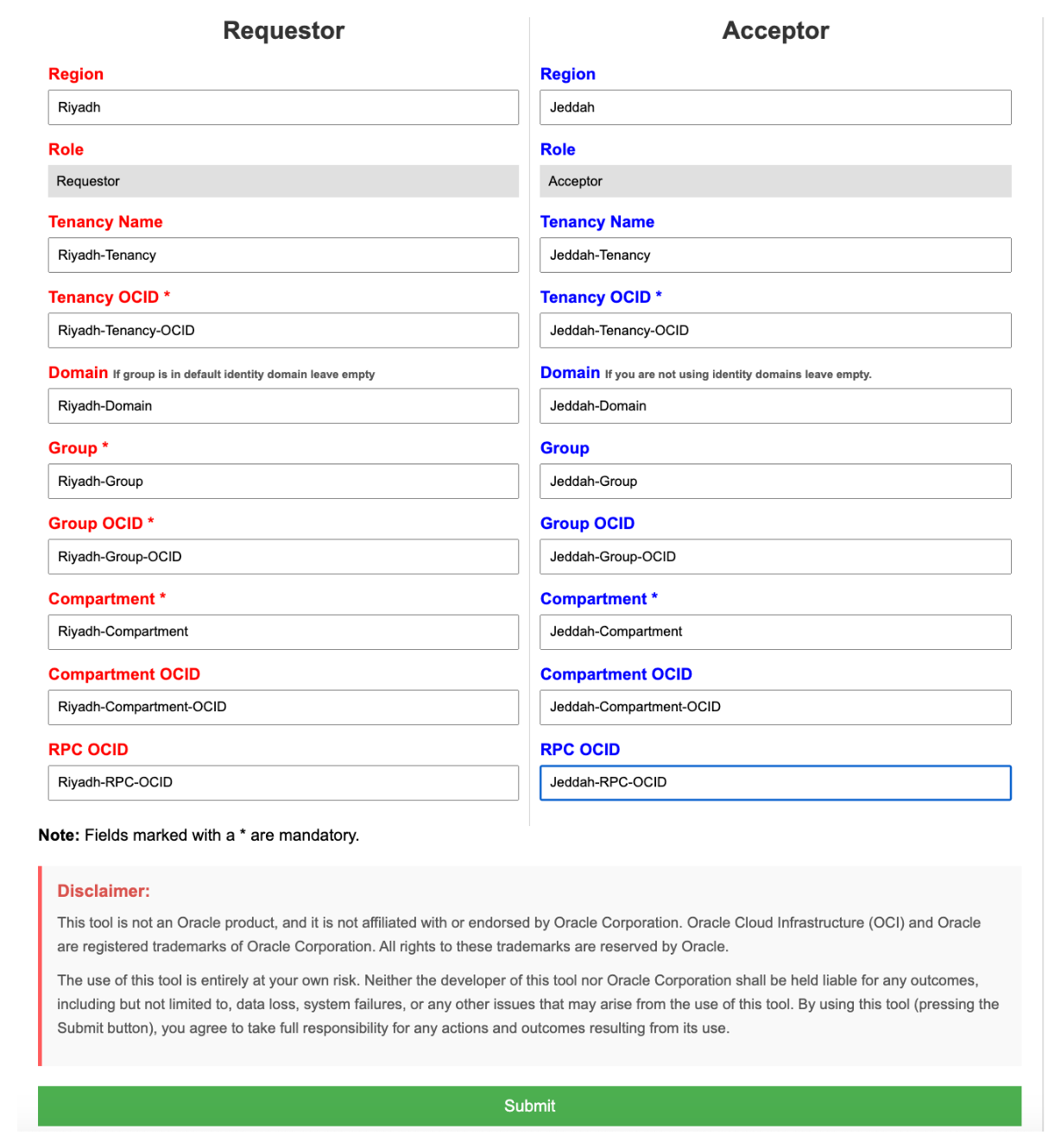

L'immagine seguente mostra un esempio di tutte le informazioni inserite. Compilare tutti i campi obbligatori e fare clic su Sottometti.

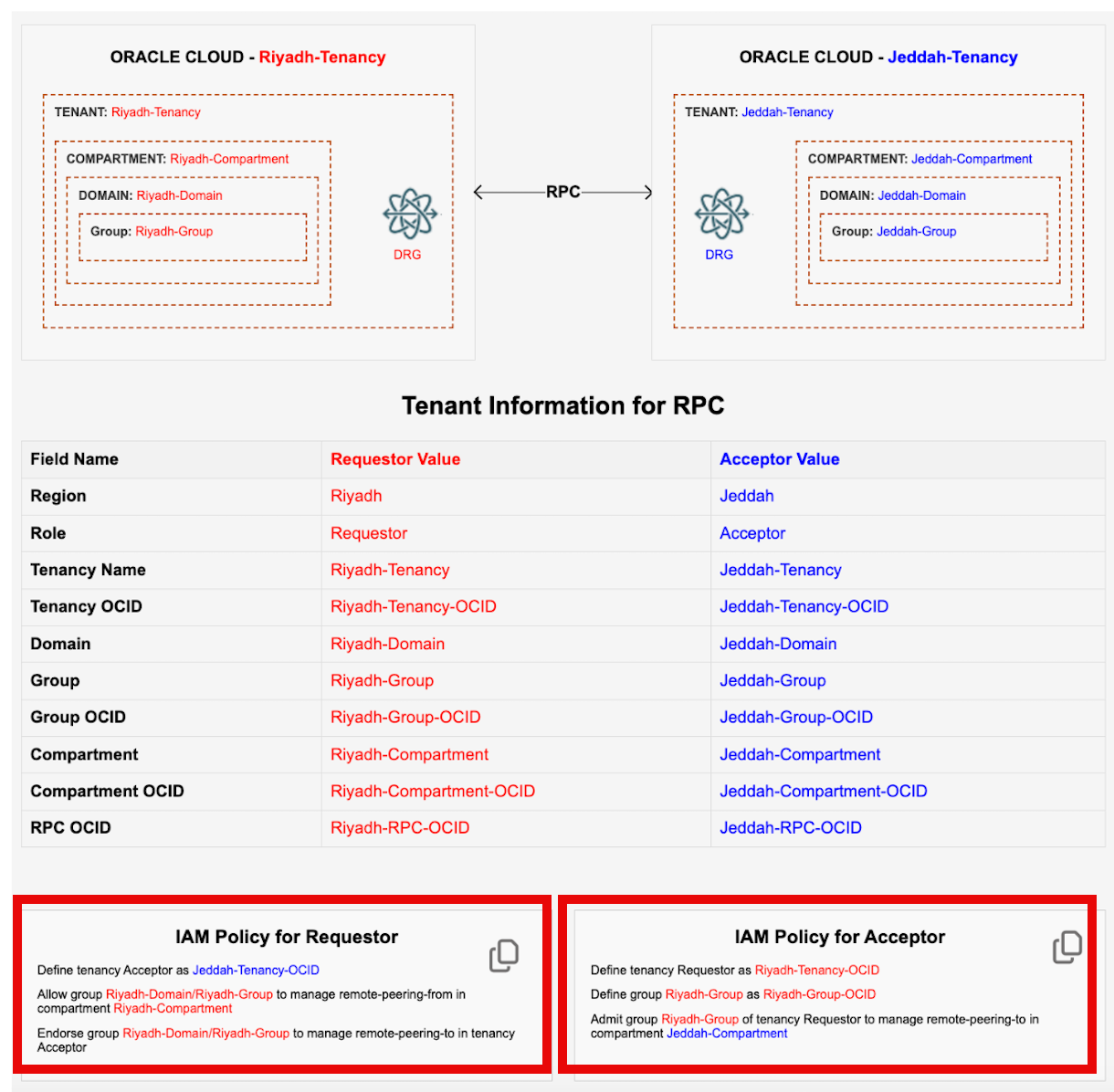

Lo strumento genererà le seguenti informazioni:

- Diagramma con i parametri utilizzati per mettere le cose in prospettiva.

- Una tabella con tutti i parametri utilizzati (in modo da poter eseguire lo screenshot o copiarlo nelle note per riferimento in seguito).

- Criterio IAM OCI per il richiedente.

- Criterio IAM OCI per l'accettatore.

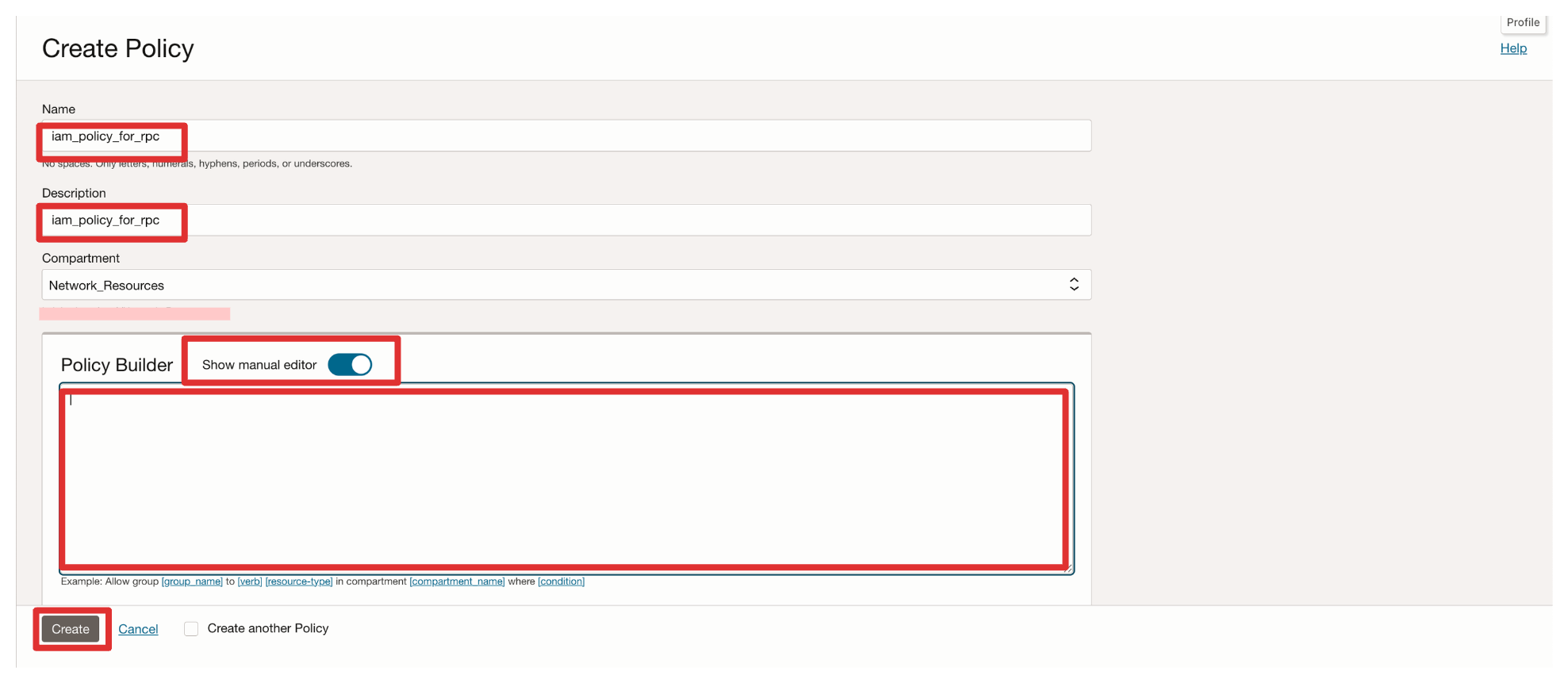

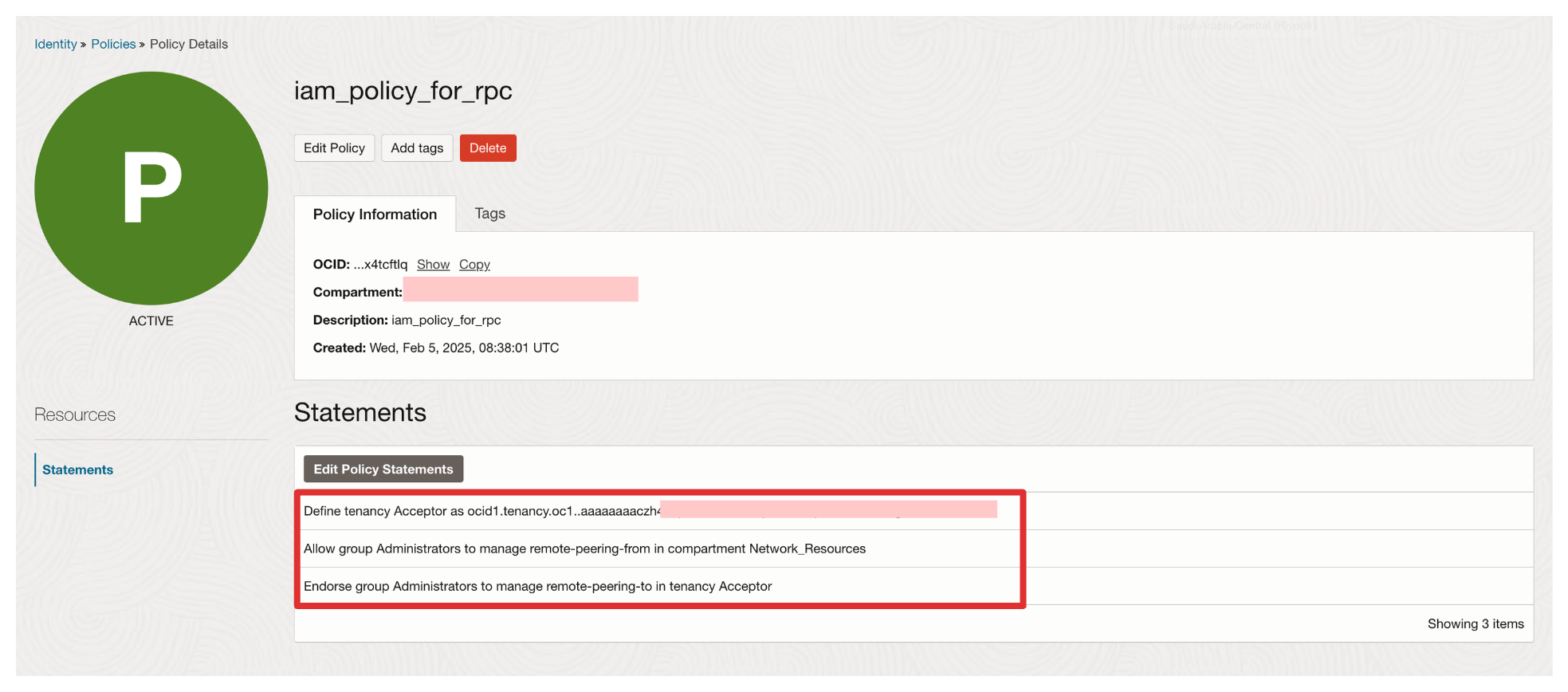

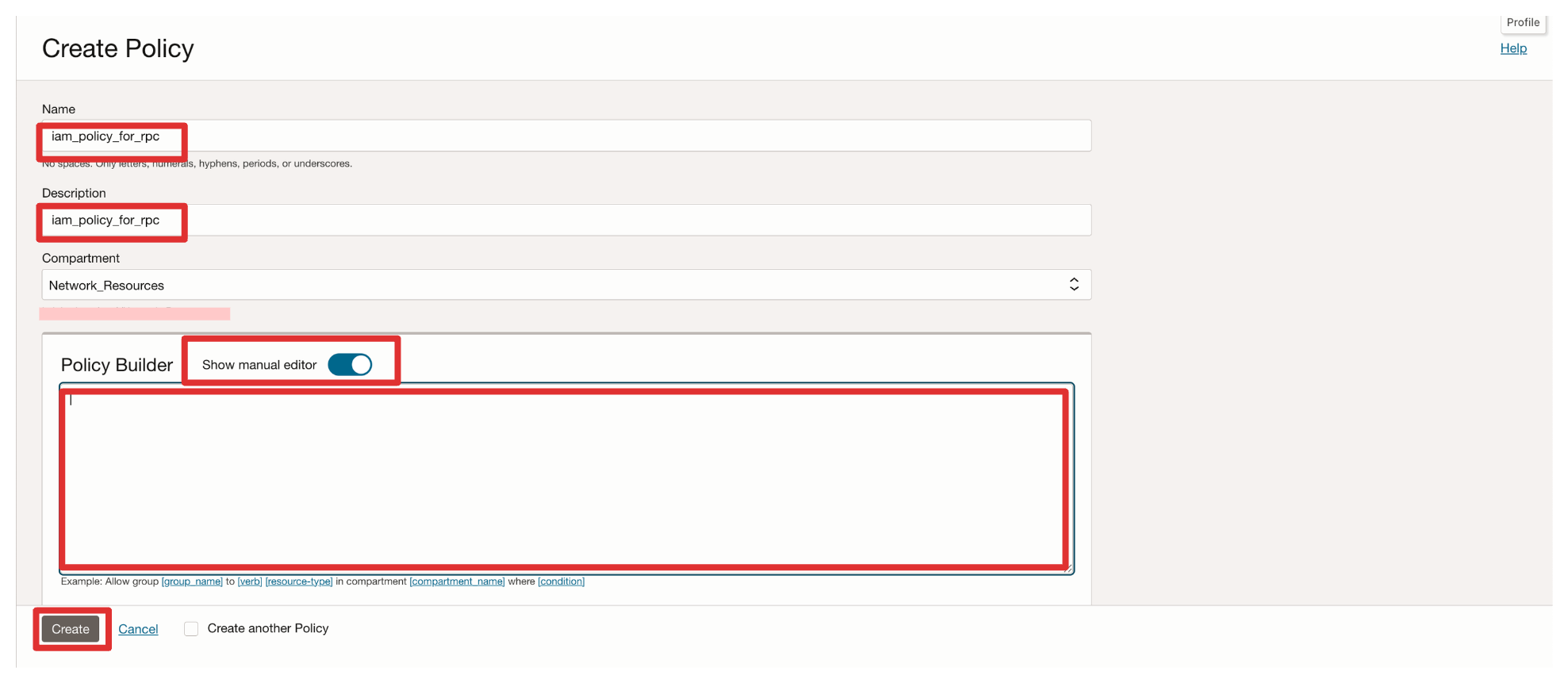

Task 4.1: Creare e configurare il criterio IAM OCI sul lato richiedente

-

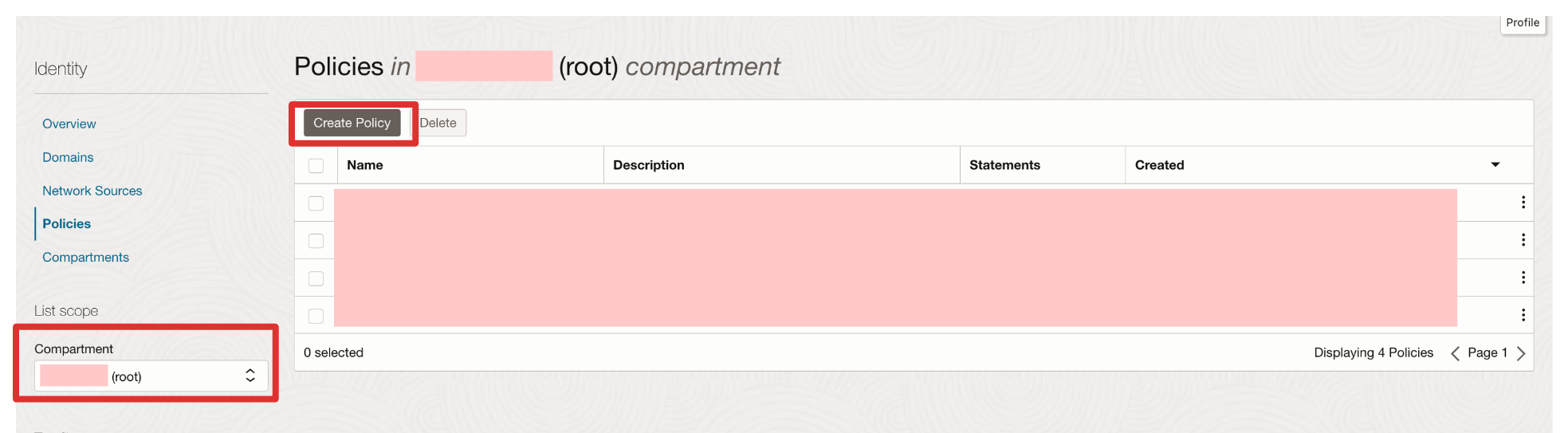

Eseguire il login alla console OCI, andare a Identità e sicurezza e fare clic su Criteri.

-

Assicurarsi di selezionare il compartimento radice e fare clic su Crea criterio.

-

Immettere le informazioni riportate di seguito e fare clic su Crea.

- Immettere un nome e una descrizione per il criterio.

- Selezionare Mostra editor manuale.

- Copiare/incollare le istruzioni dei criteri per il lato Richiedente nel criterio.

Quando si crea il criterio, verranno visualizzate le istruzioni dei criteri configurate.

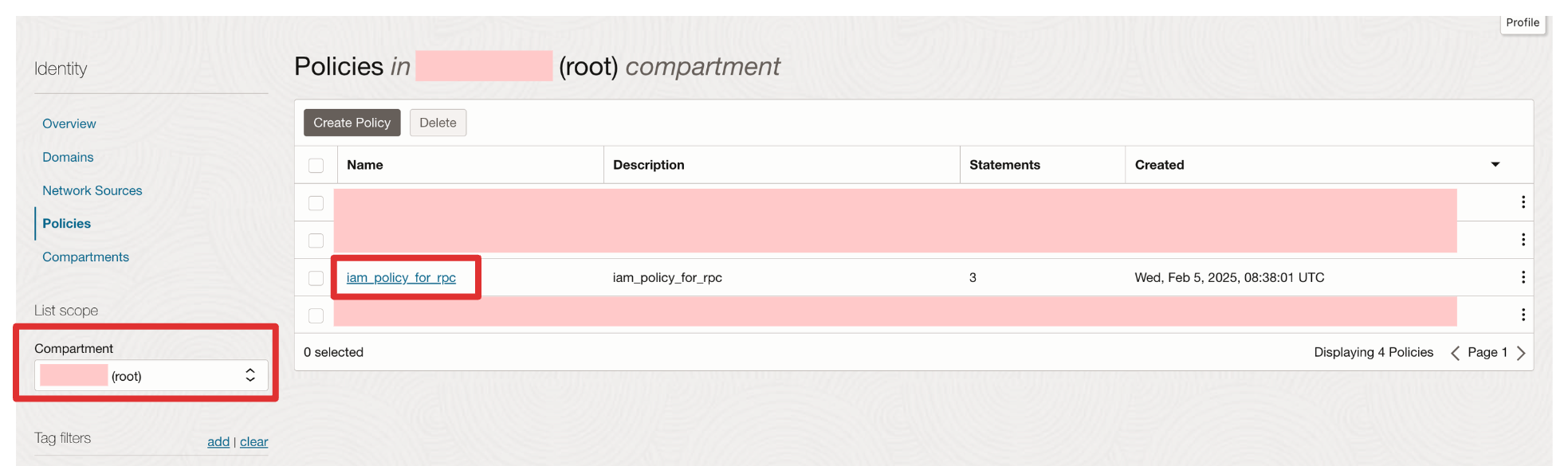

Quando si torna alla pagina di panoramica dei criteri, verrà visualizzato il criterio configurato.

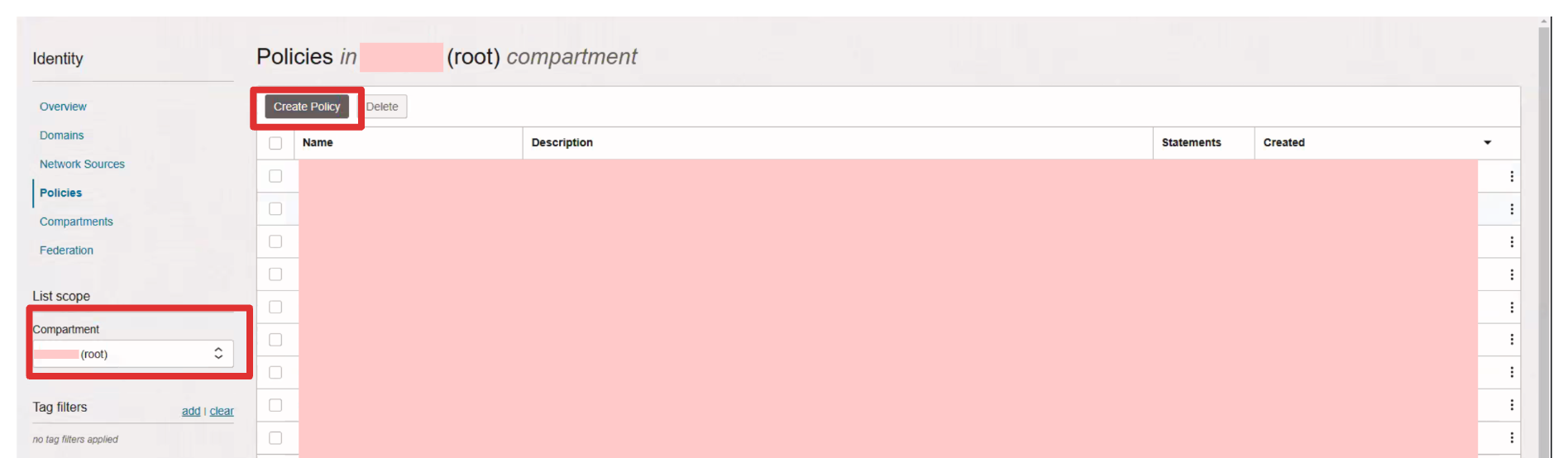

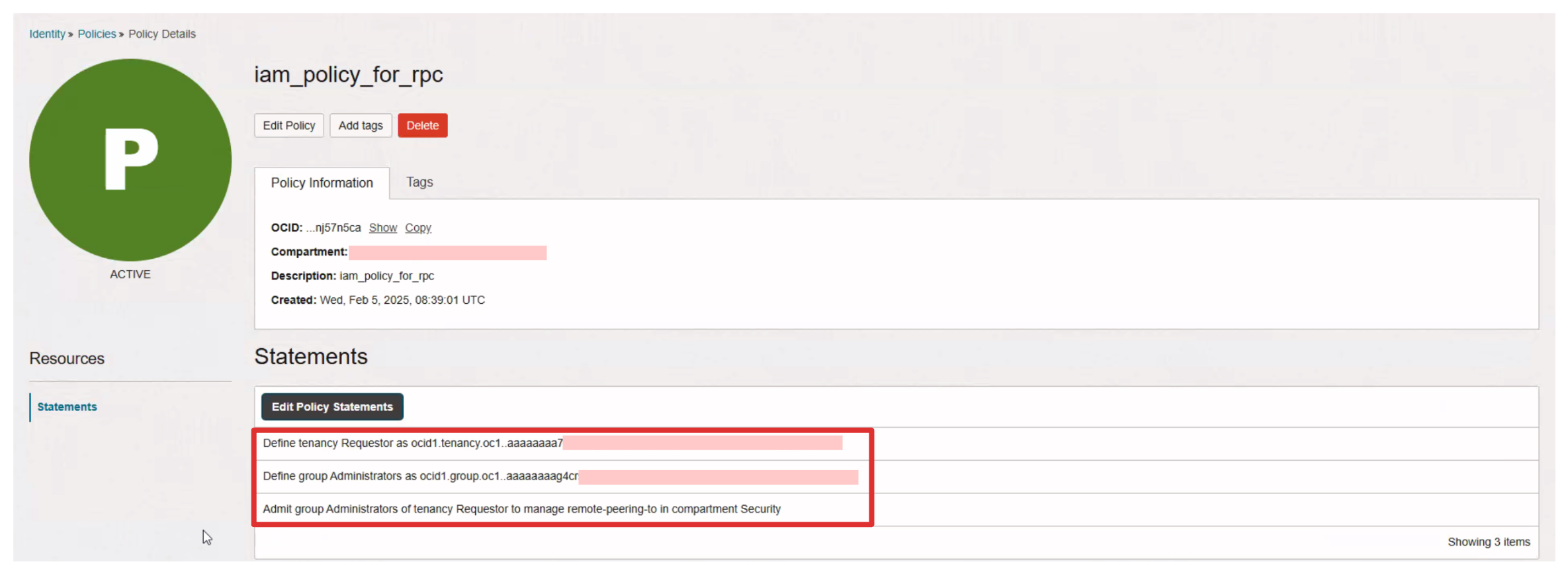

Task 4.2: creare e configurare il criterio IAM OCI sul lato accettazione

-

Eseguire il login alla console OCI, andare a Identità e sicurezza e fare clic su Criteri.

-

Assicurarsi di selezionare il compartimento radice e fare clic su Crea criterio.

-

Immettere le informazioni riportate di seguito e fare clic su Crea.

- Immettere un nome e una descrizione per il criterio.

- Selezionare Mostra editor manuale.

- Copiare/incollare le istruzioni dei criteri per il lato Accettatore nel criterio.

Quando si crea il criterio, verranno visualizzate le istruzioni dei criteri configurate.

Quando si torna alla panoramica dei criteri, verrà visualizzato il criterio configurato.

Task 5: configurare i collegamenti DRG nel DRG sul lato richiedente e sul lato accettato

Abbiamo bisogno di creare un RPC sul lato Richiedente e Accettatore.

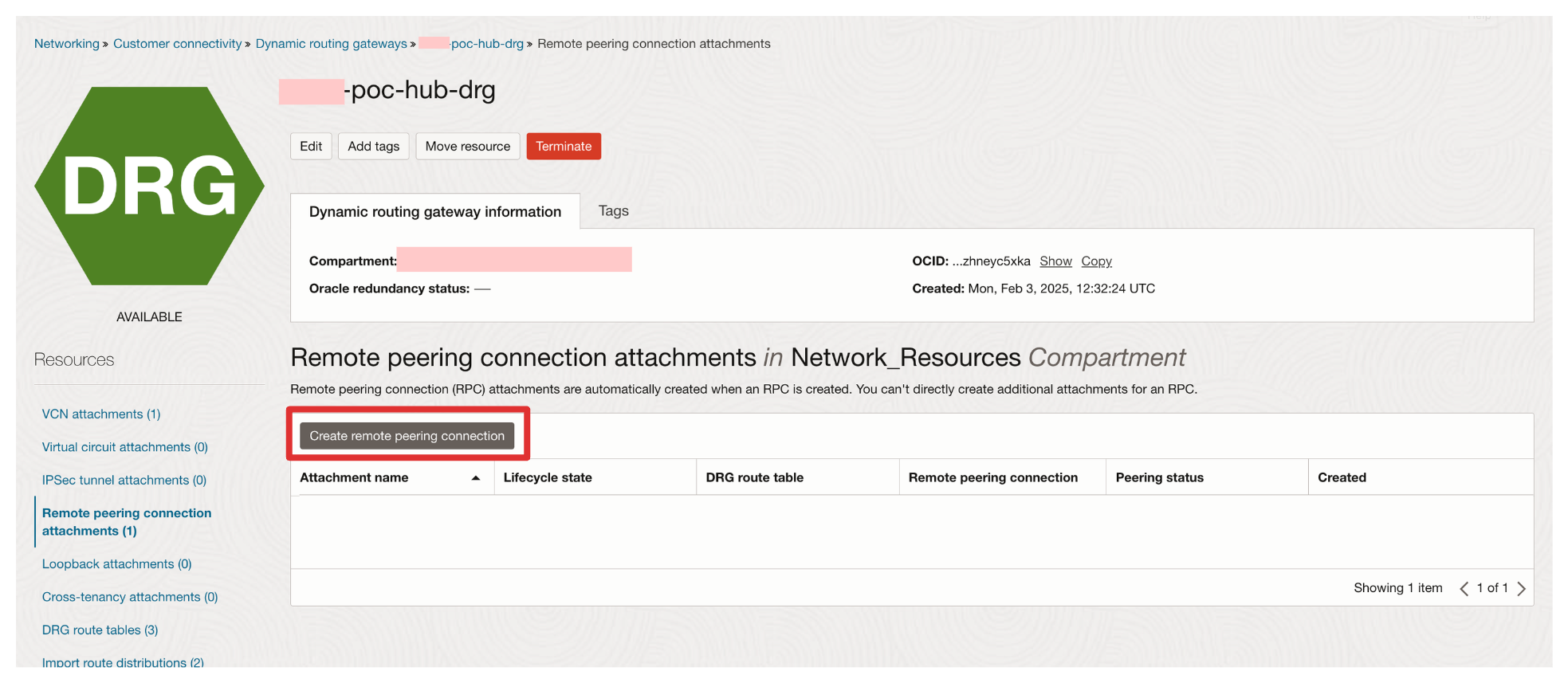

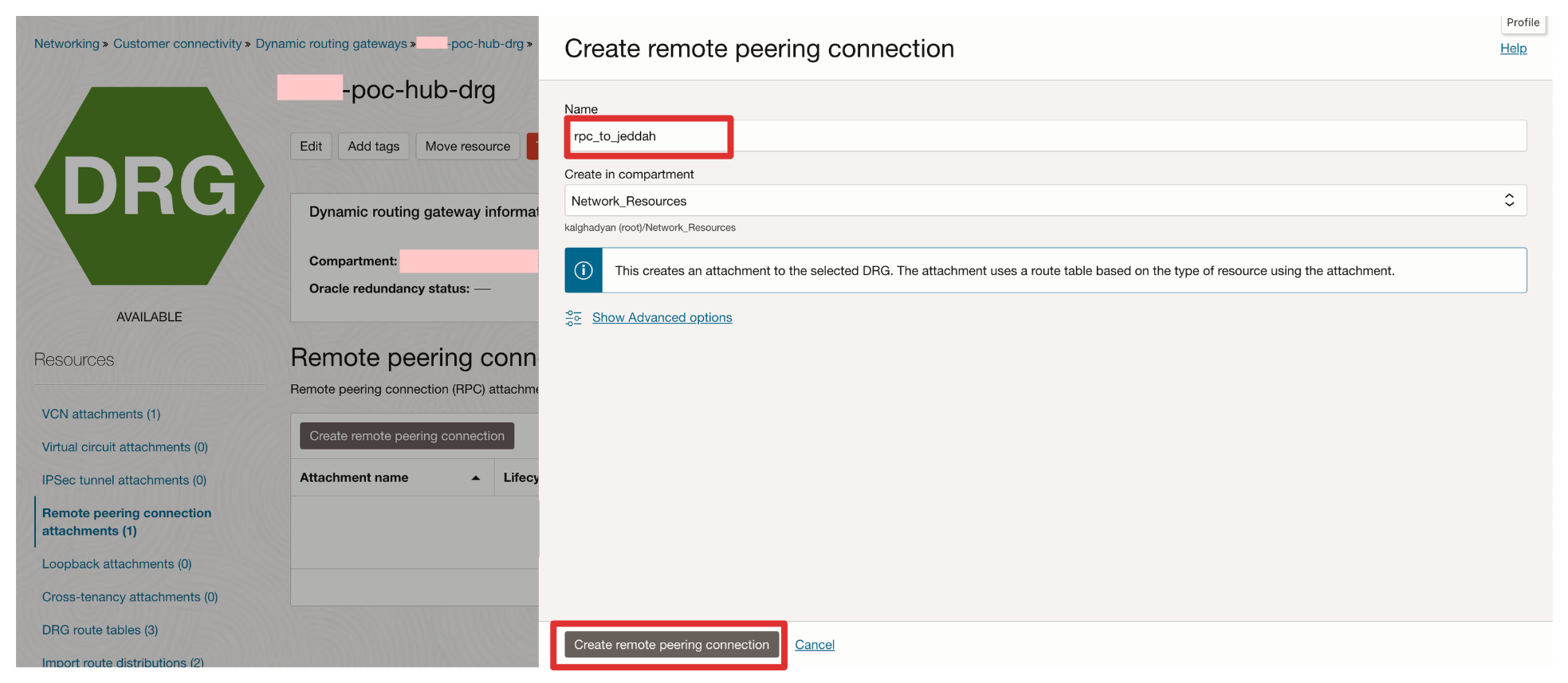

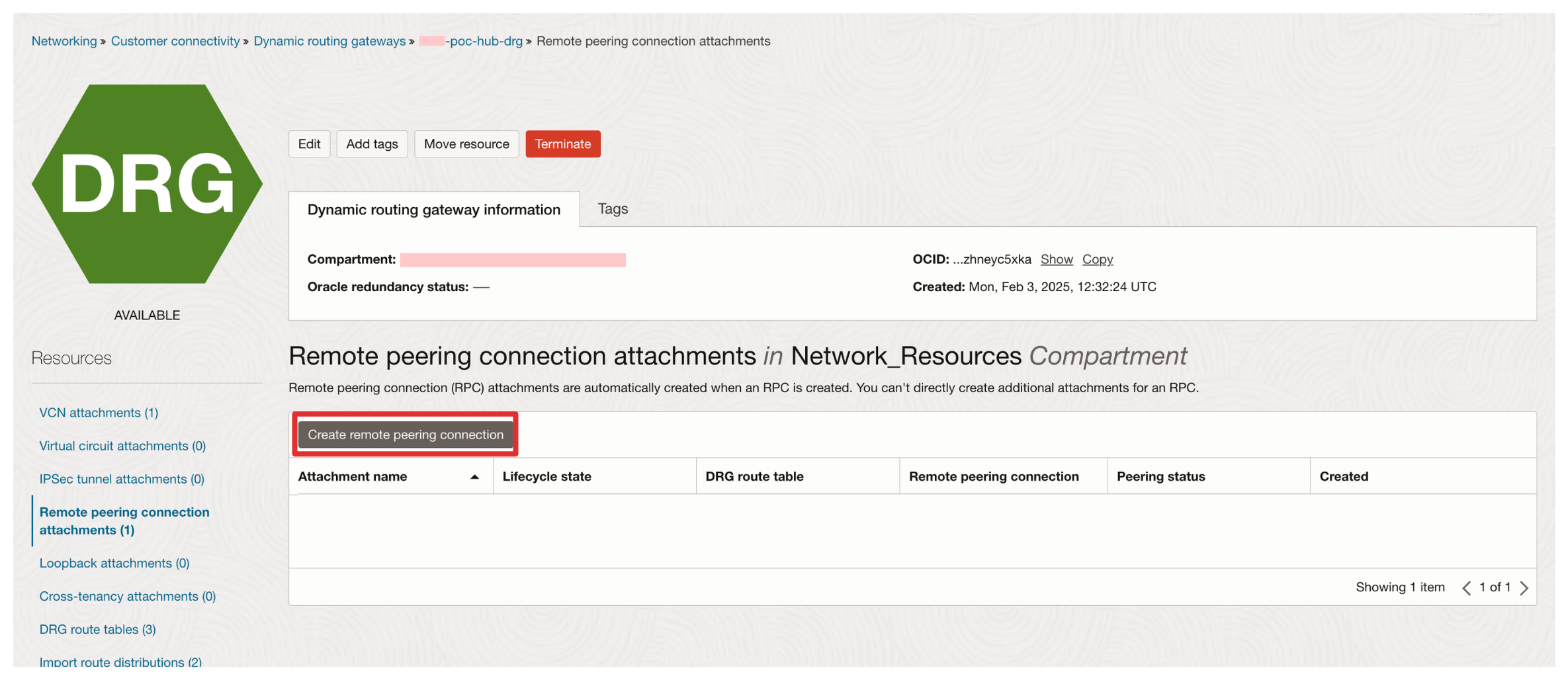

Task 5.1: Crea RPC sul lato richiedente

-

Andare a OCI Console, andare a Networking e fare clic su Dynamic Routing Gateway.

-

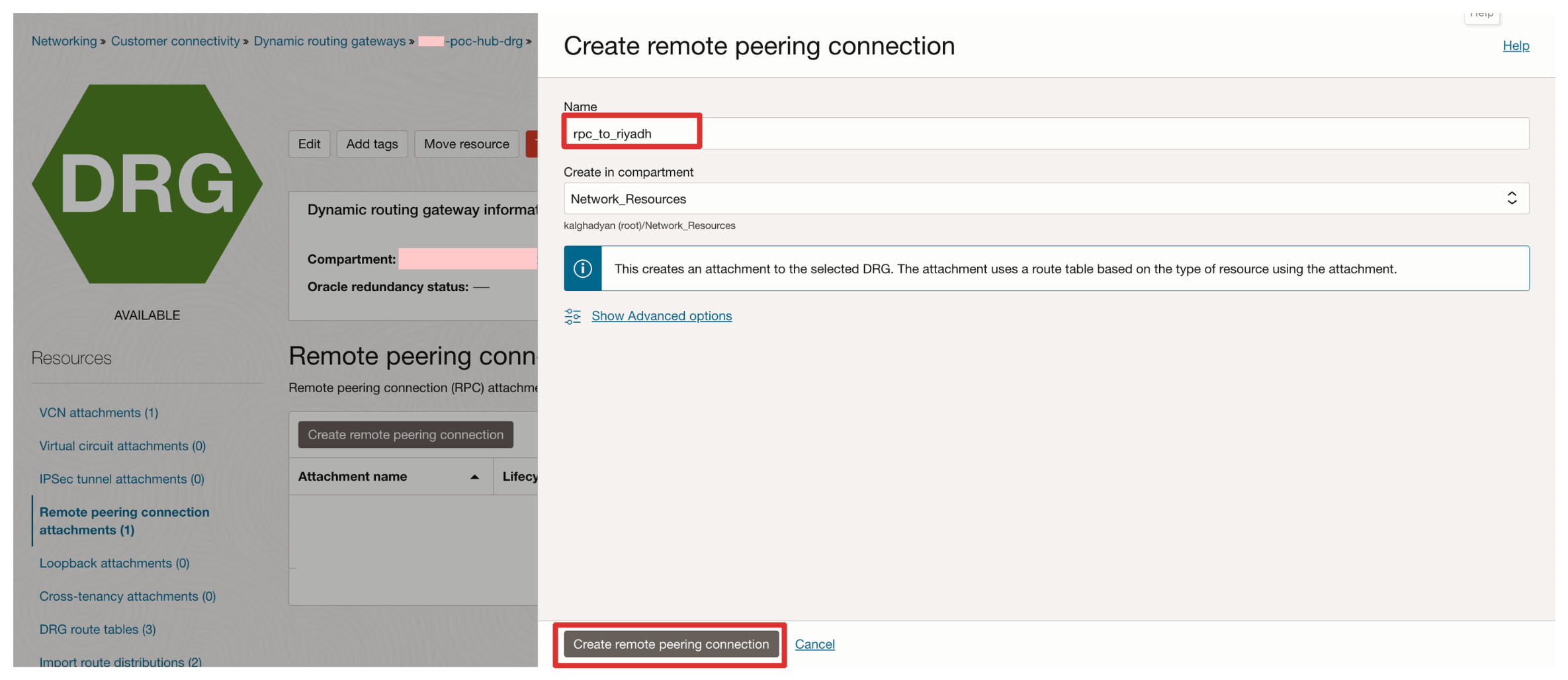

Fare clic su Collegamenti di connessione peering remoti e su Crea connessione peering remota.

-

Immettere il nome e fare clic su Crea connessione peering remoto.

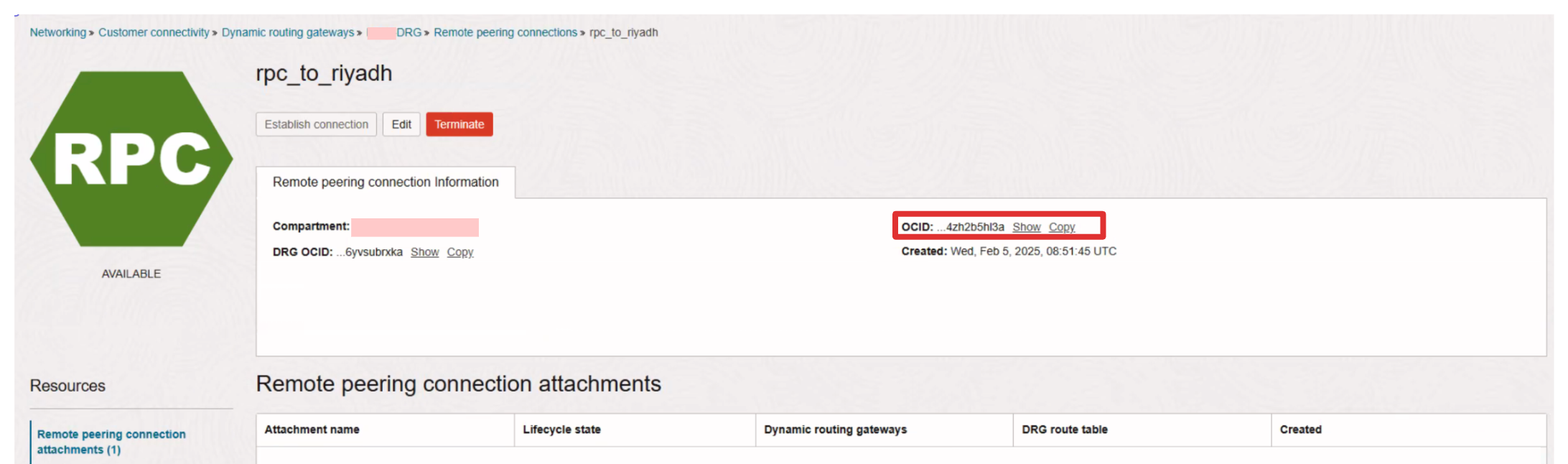

Task 5.2: Crea RPC sul lato accettazione

-

Andare a OCI Console, andare a Networking e fare clic su Dynamic Routing Gateway.

-

Fare clic su Collegamenti di connessione peering remoti e su Crea connessione peering remota.

-

Immettere il nome e fare clic su Crea connessione peering remoto.

-

Raccogliere l'OCID RPC dal lato Acceptor poiché è necessario utilizzare questo OCID per stabilire la connessione RPC dal lato richiedente.

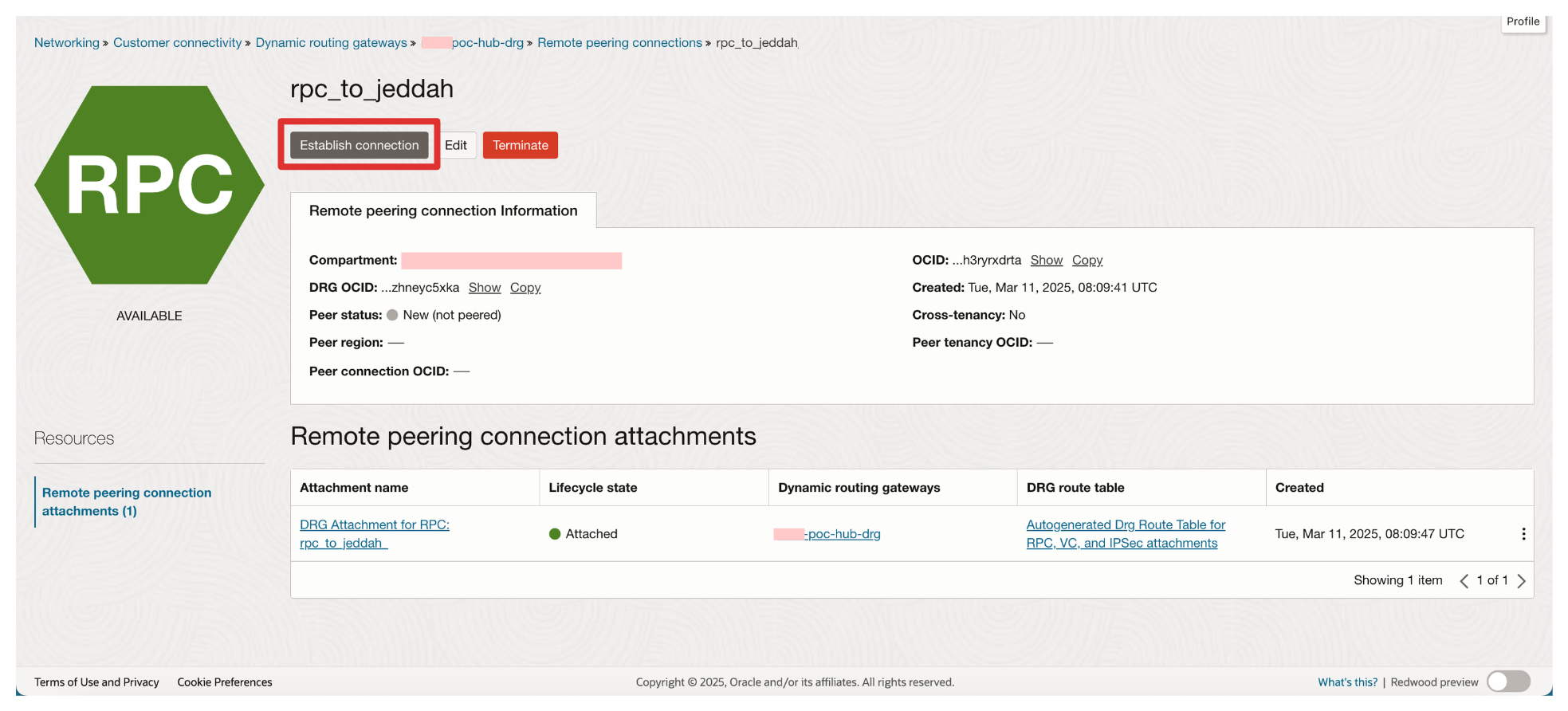

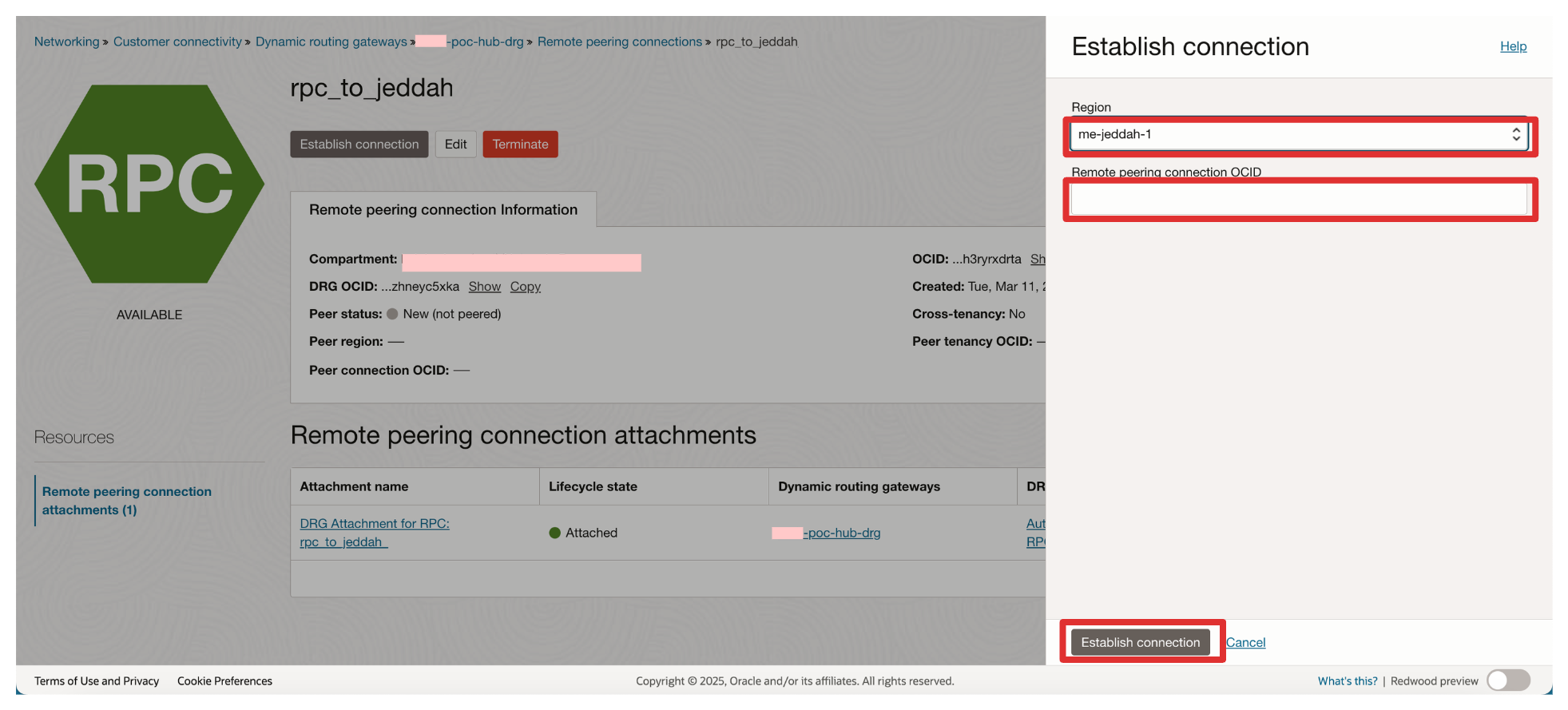

Task 6: Stabilire la connessione dal lato richiedente

-

Andare alla console OCI dal lato Richiedente, andare a Networking, Dynamic Routing Gateway e fare clic su Collegamenti di connessione peering remoto.

-

Fare clic sulla connessione peering remota (configurata per il lato Acceptor) creata nel task 5.

-

Fare clic su Stabilisci connessione.

-

Immettere le informazioni riportate di seguito e fare clic su Crea connessione.

- Selezionare l'area dell'accettatore.

- Incollare l'OCID RPC raccolto nel task 5.

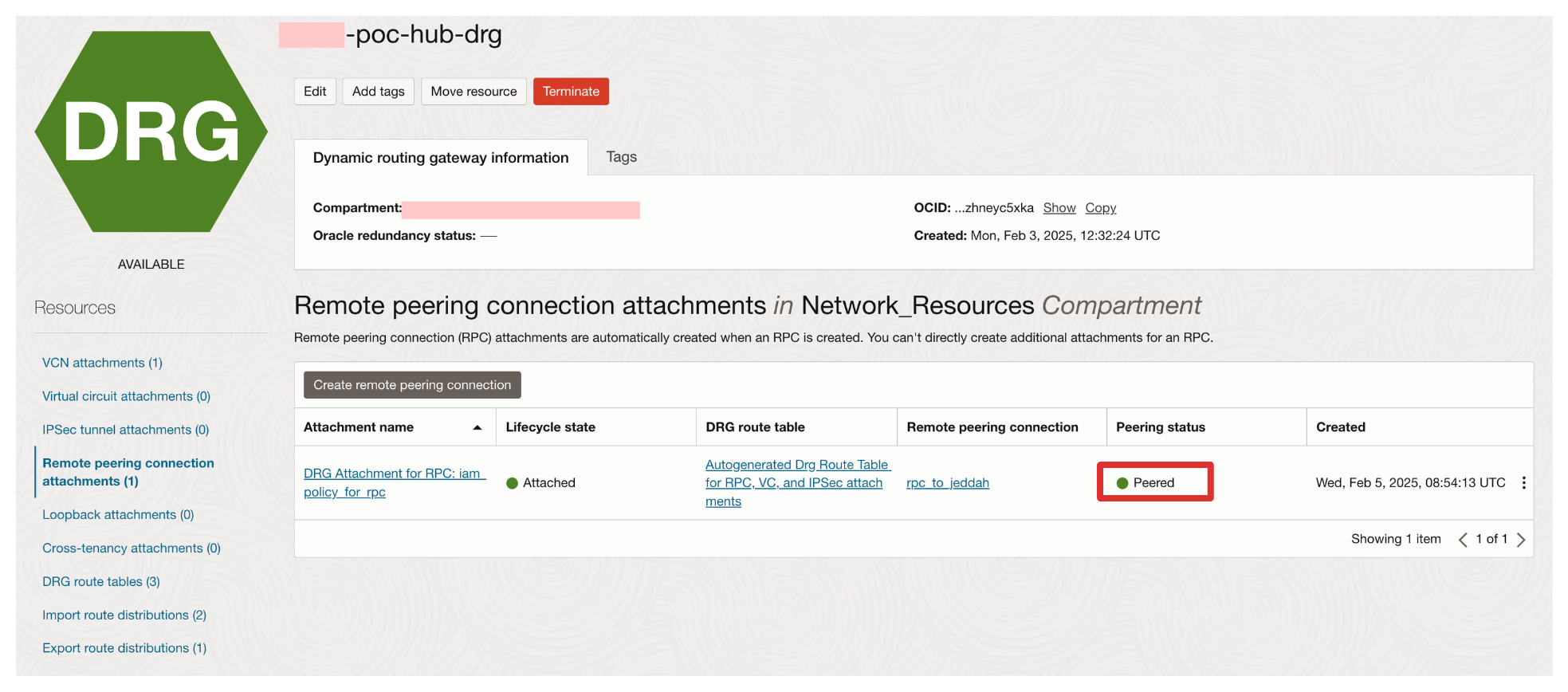

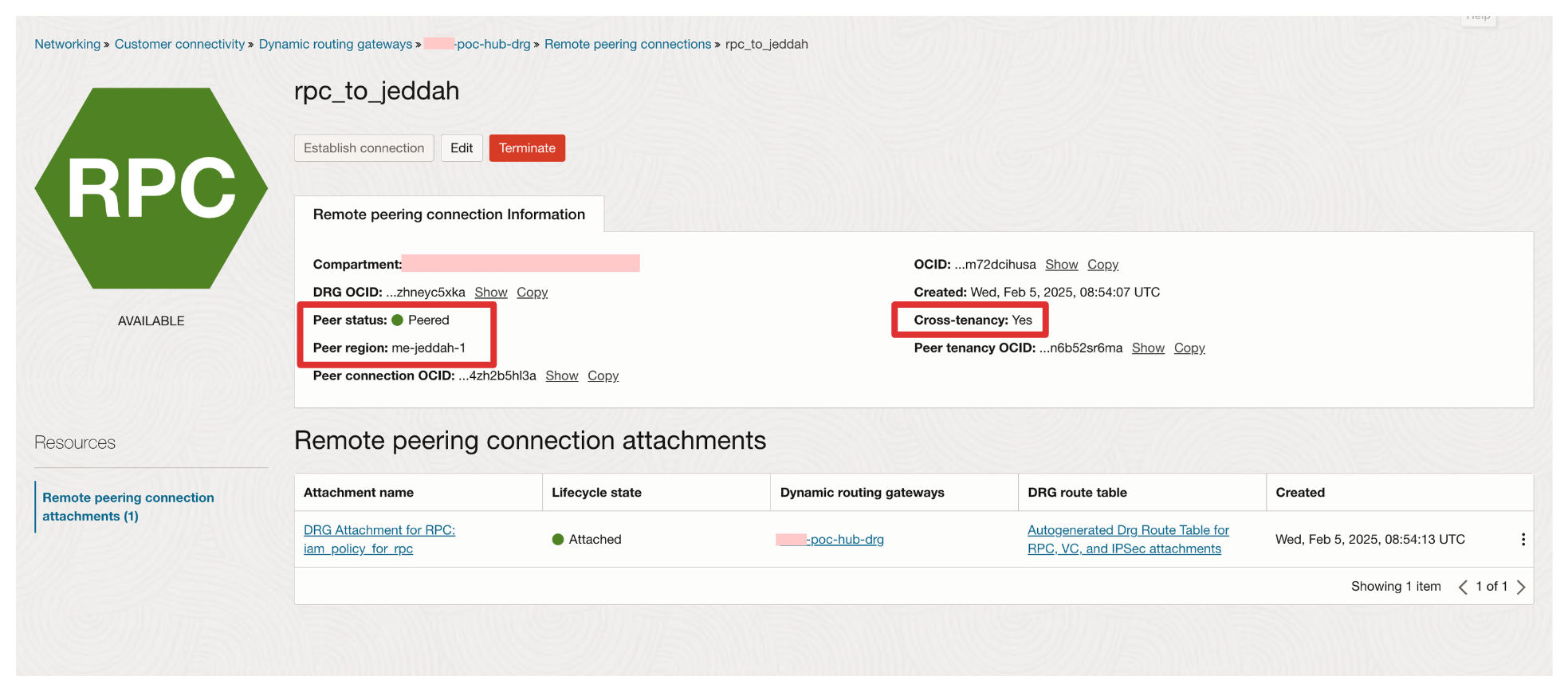

Se il richiedente è sottoscritto all'area Acceptor e vengono configurati i criteri IAM OCI giusti e lo stato di peering RPC OCI corretto deve passare a Peered sul lato richiedente.

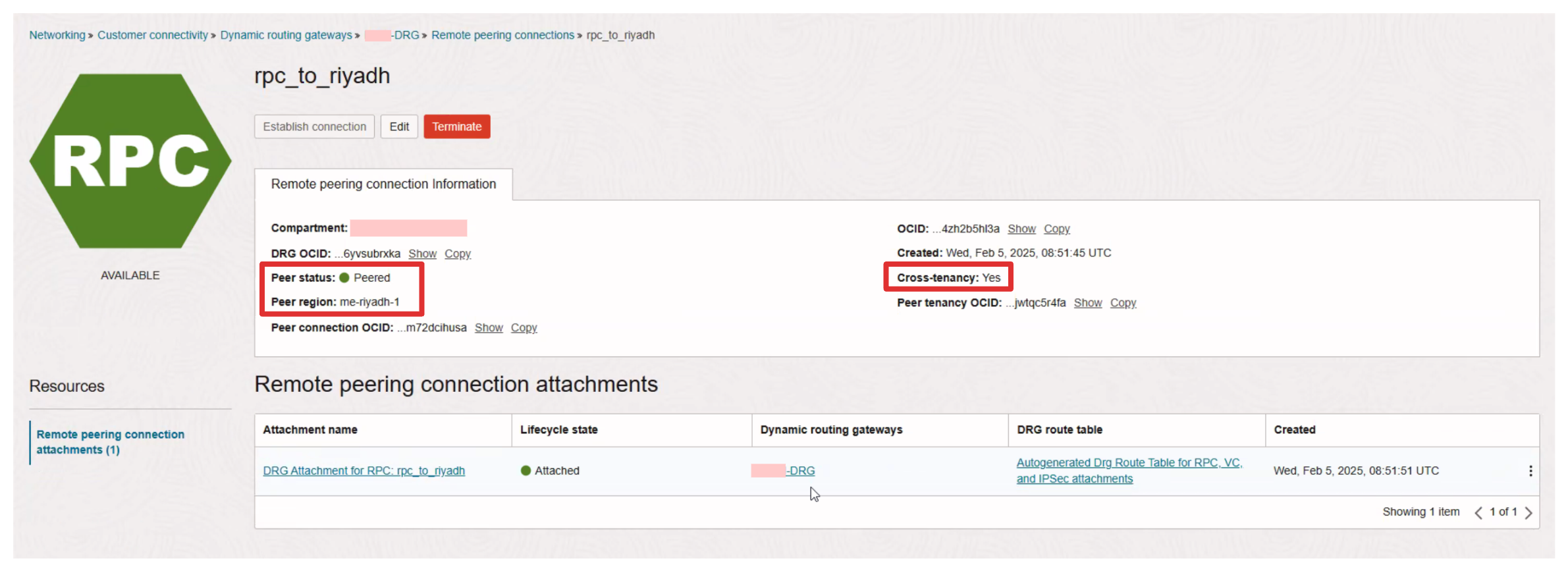

È possibile fare clic sull'RPC per visualizzare ulteriori informazioni sul peering.

- Si noti che lo stato peer è peered.

- Si noti che l'area peer è Jeddah.

- Si noti che si tratta di un peering cross-tenancy.

-

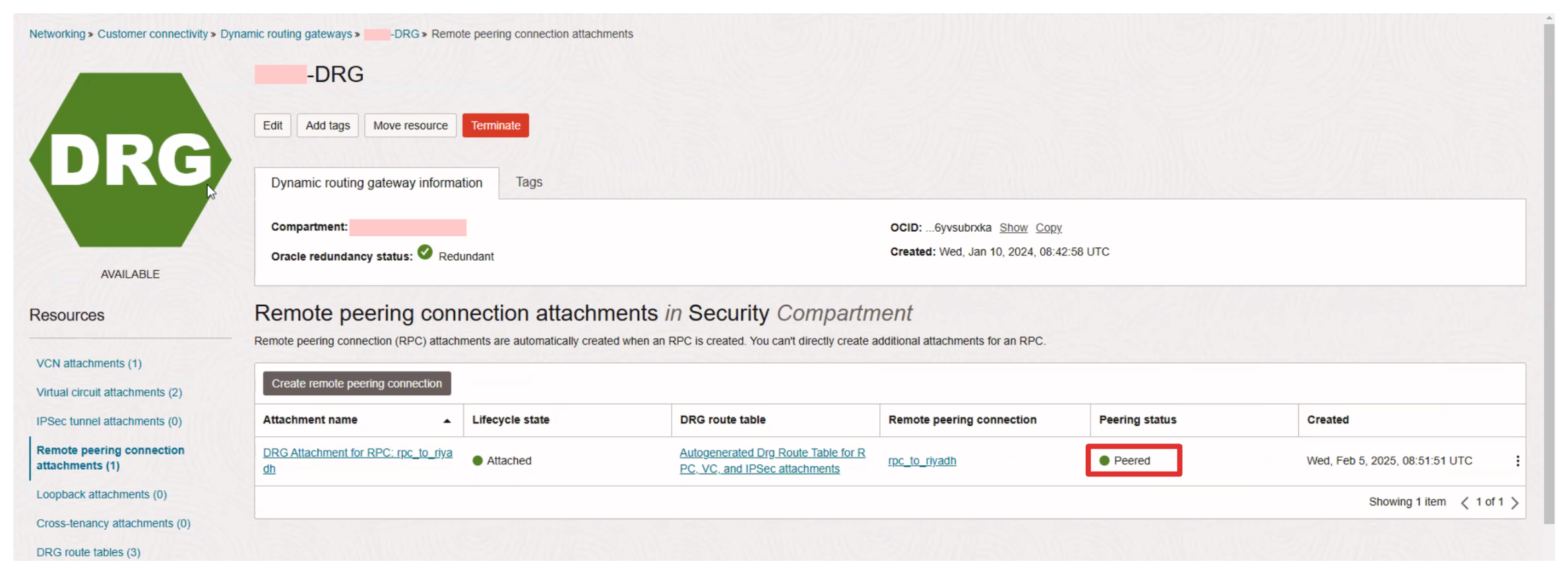

Possiamo anche verificare lo stato del peering sul lato Acceptor.

-

Andare a OCI Console dal lato Accettatore, andare a Networking, Dynamic Routing Gateway e fare clic su Collegamenti di connessione peering remoto.

-

Fare clic sulla connessione peering remoto configurata per il lato richiedente.

-

Si noti che anche lo stato peering è impostato su Peered sul lato Acceptor.

È possibile fare clic sull'RPC per visualizzare ulteriori informazioni sul peering.

- Notare che lo stato peer è peered.

- Notare che l'area peer è Riyadh.

- Si noti che si tratta di un peering cross-tenancy.

-

Task 7: Progettare architetture RPC con tre o più inquilini

È anche possibile creare connessioni RPC tra più di due siti o tenant.

-

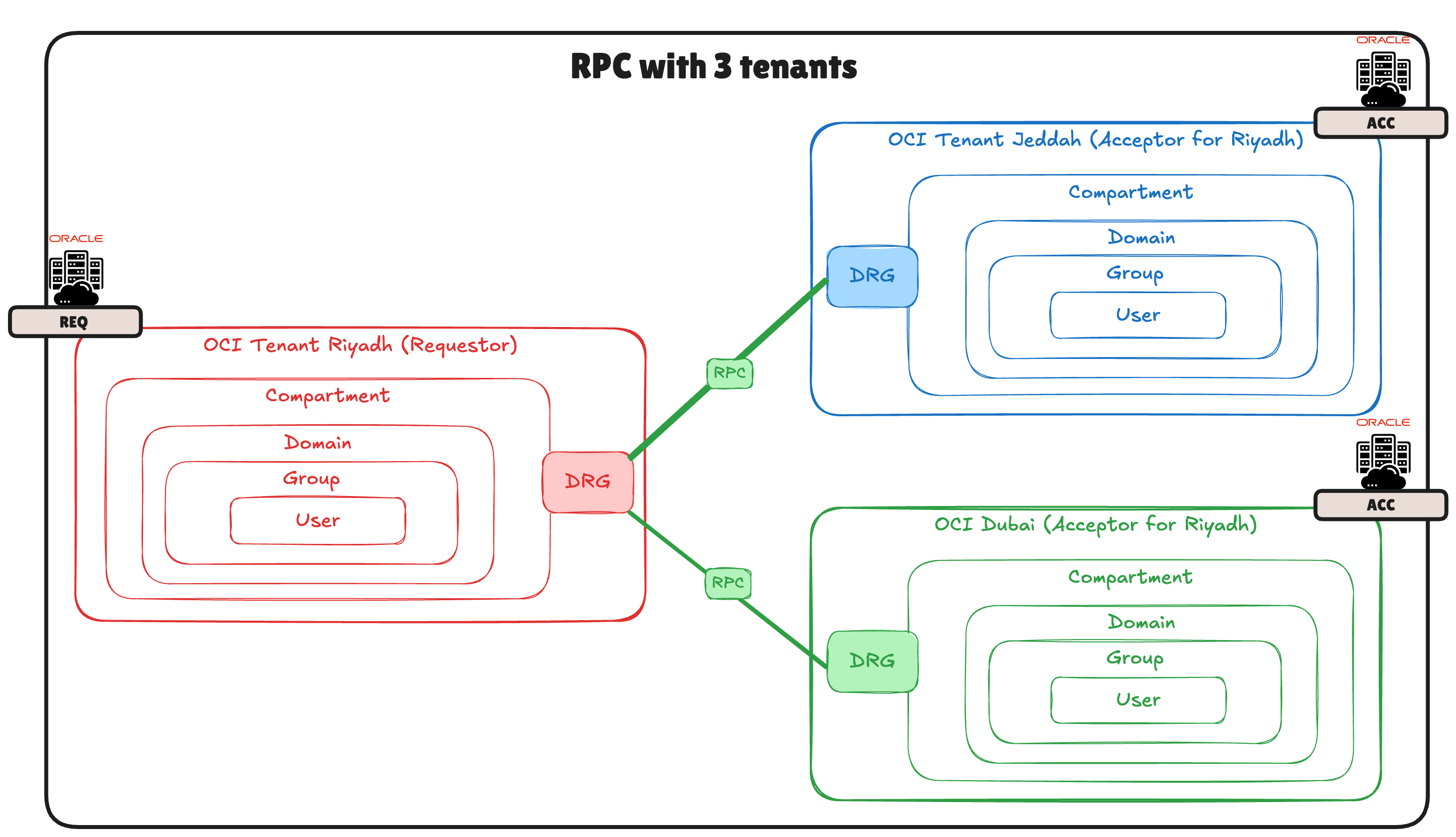

Nell'immagine seguente potete vedere che abbiamo usato tre inquilini diversi:

- Riyadh OCI (richiedente)

- Jeddah OCI (accettore)

- OCI Dubai (accettore)

In questo esempio, Riyadh sarà una sorta di sito hub che fungerà da Richiedente per due Accettatori.

-

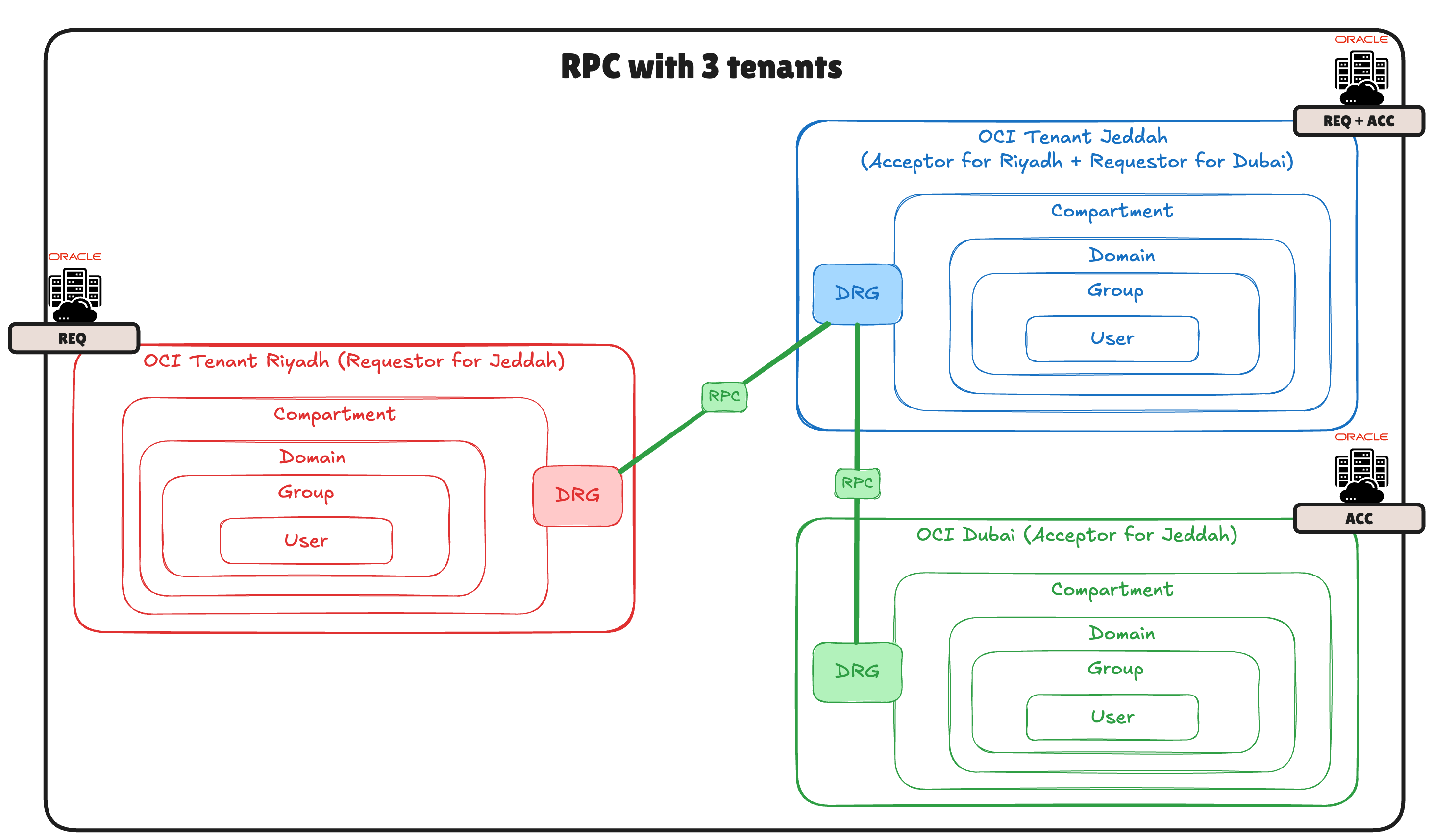

Nell'immagine seguente potete vedere che abbiamo usato tre inquilini diversi:

- Riyadh OCI (richiedente)

- OCI Jeddah (Richiedente + Accettatore)

- OCI Dubai (accettore)

In questo esempio, Riyadh sarà il Richiedente per Jeddah e Jeddah sarà il Richiedente per Dubai.

-

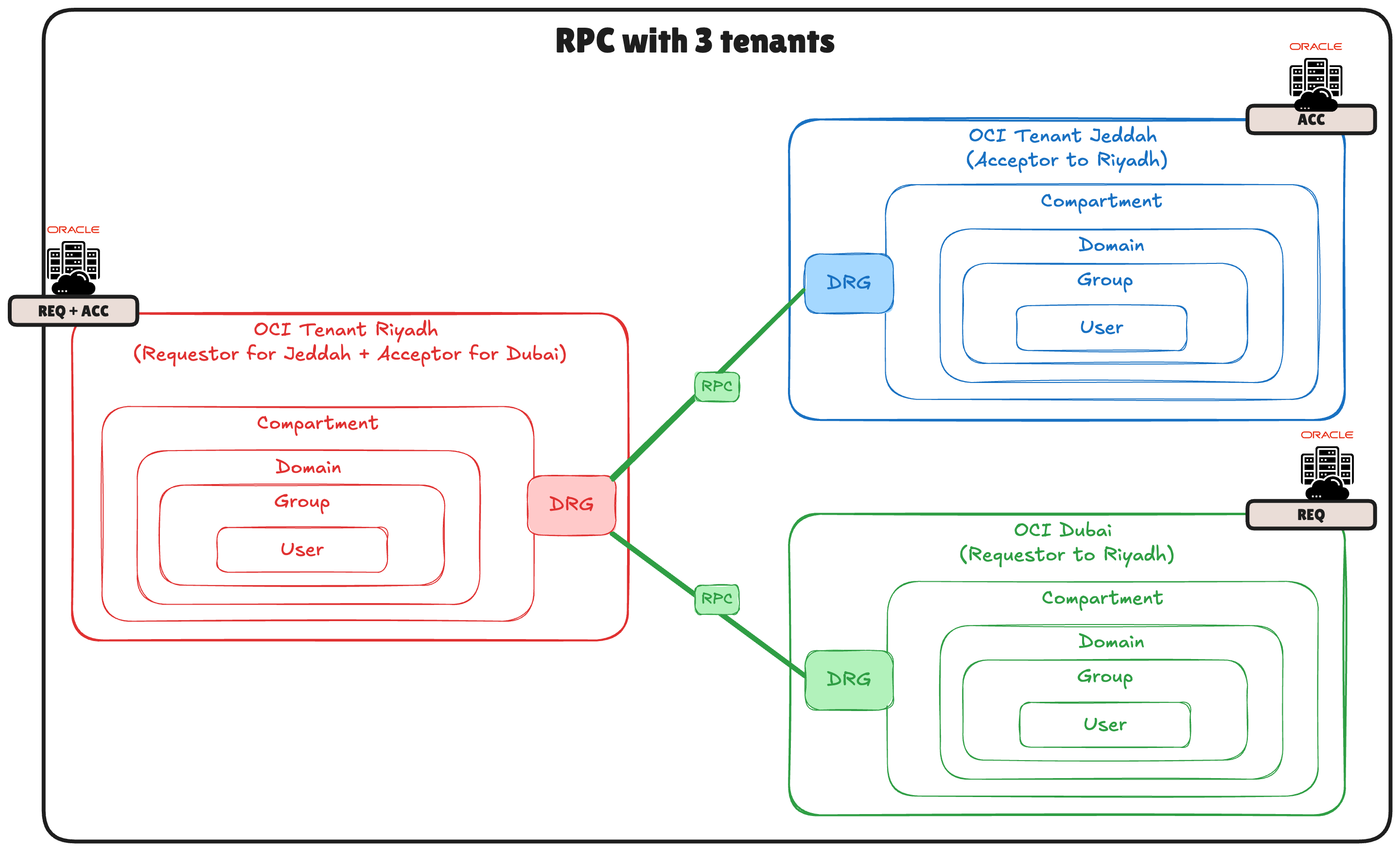

Nell'immagine seguente potete vedere che abbiamo usato tre inquilini diversi:

- OCI Riyadh (Richiedente + Accettatore)

- Jeddah OCI (accettore)

- OCI Dubai (richiedente)

In questo esempio, Riyadh sarà il Richiedente per Jeddah e l'Accettore per Dubai.

Conclusione

L'impostazione di un RPC tra due tenant OCI richiede una pianificazione attenta, una configurazione precisa e i criteri IAM OCI corretti. Seguendo questo tutorial passo-passo, hai stabilito con successo un RPC sicuro e funzionale tra due DRG in tenant separati. Questa connessione consente una comunicazione trasparente tra le reti, un componente cruciale per la creazione di architetture OCI scalabili e multi-tenant.

Per semplificare il processo ed eliminare potenziali errori dei criteri, lo Strumento di criteri IAM RPC fornisce un modo semplice per generare i criteri IAM OCI necessari sia per i tenant Richiedente che per quelli Accettante. Assicurarsi che i criteri, i collegamenti DRG e le sottoscrizioni regionali siano configurati correttamente garantirà un'impostazione del peering fluida.

Oltre alle configurazioni RPC di base, la progettazione di architetture multi-tenant con tre o più tenant aggiunge ulteriore flessibilità e scalabilità alla tua rete OCI. Comprendere il ruolo di ogni tenant, sia come Richiedente, Accettatore o entrambi, ti consente di creare ambienti solidi e interconnessi che supportano i carichi di lavoro ibridi e distribuiti in modo efficiente.

Sfruttando le funzionalità di rete di OCI, puoi creare architetture cross-tenant sicure, scalabili e ad alte prestazioni che si allineano alle best practice di rete aziendali. In caso di problemi, la revisione dei criteri IAM OCI e delle configurazioni DRG costituisce un ottimo primo passo nella risoluzione dei problemi.

Con queste conoscenze in mano, ora sei ben attrezzato per stabilire ed espandere le connessioni RPC in Oracle Cloud Infrastructure per soddisfare i requisiti di rete della tua organizzazione.

Conferme

- Autore: Iwan Hoogendoorn (esperto della rete OCI)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Set up RPC Connection between Two Tenants and their Dynamic Routing Gateways

G30590-03