Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriversi a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Quando completi il tuo laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Comprendere le considerazioni sulla rete per Oracle Cloud Infrastructure GoldenGate

Introduzione

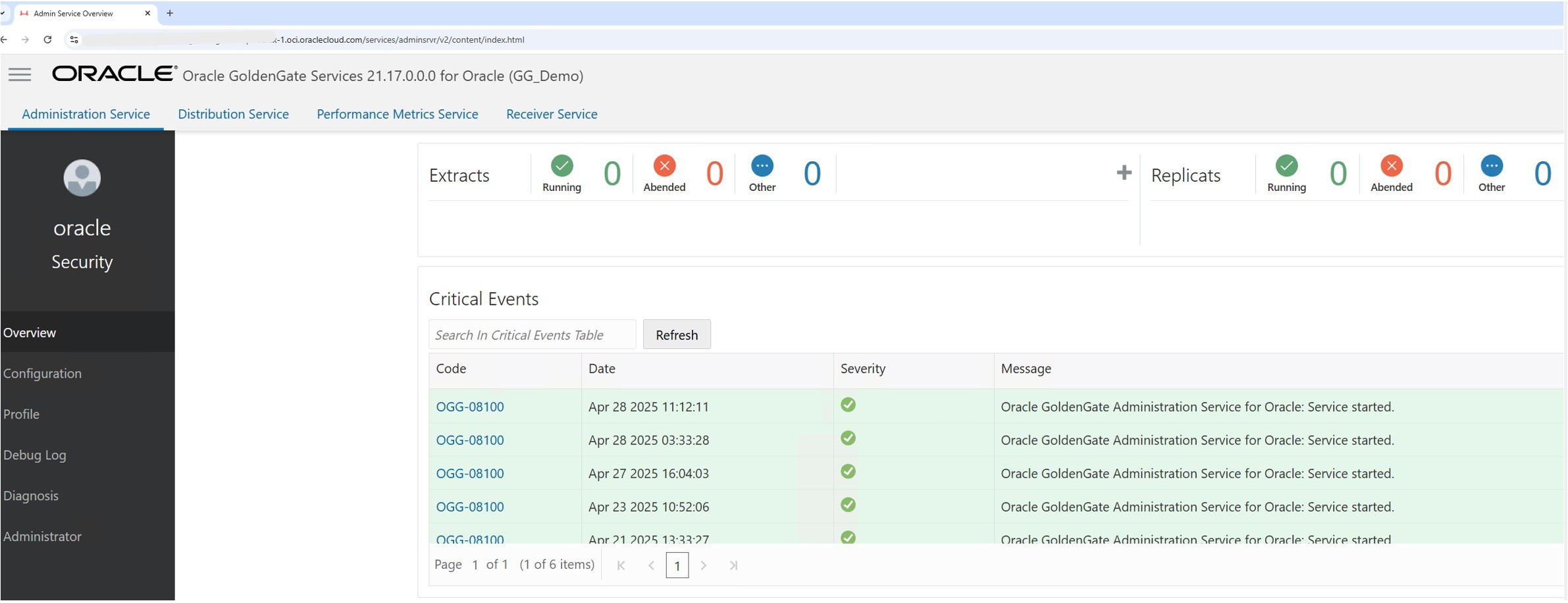

Oracle Cloud Infrastructure GoldenGate (OCI GoldenGate) è un servizio cloud completamente gestito che consente la replica dei dati in tempo reale e l'elaborazione dei dati in streaming da vari sistemi di gestione dei dati a Oracle Cloud Infrastructure Database. Consente agli utenti di progettare, eseguire e monitorare le soluzioni di replica e streaming dei dati senza la necessità di gestire gli ambienti di calcolo.

In questa esercitazione verranno illustrate importanti considerazioni sulla rete e architetture supportate per le distribuzioni OCI GoldenGate.

Aspetti chiave della rete

Quando si distribuisce OCI GoldenGate, ci sono due aspetti principali della rete da considerare:

- Tipo di endpoint (pubblico o privato).

- Configurazione dei nomi di dominio (FQDN) completamente qualificati/DNS (Domain Name Service).

Andiamo attraverso ciascuno nel dettaglio.

-

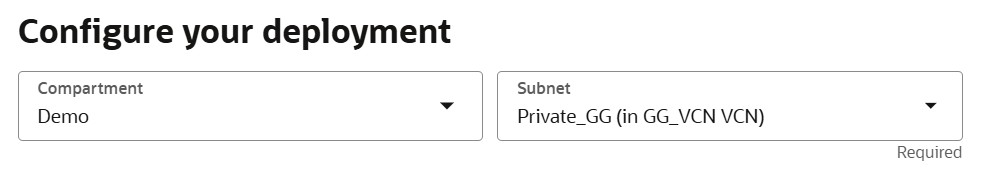

Endpoint privato: l'endpoint privato è l'unico endpoint richiesto per una distribuzione. L'endpoint pubblico è facoltativo e viene trattato più avanti nel tutorial. Pertanto, è necessario selezionare una subnet privata poiché le subnet pubbliche non verranno visualizzate nel menu a discesa.

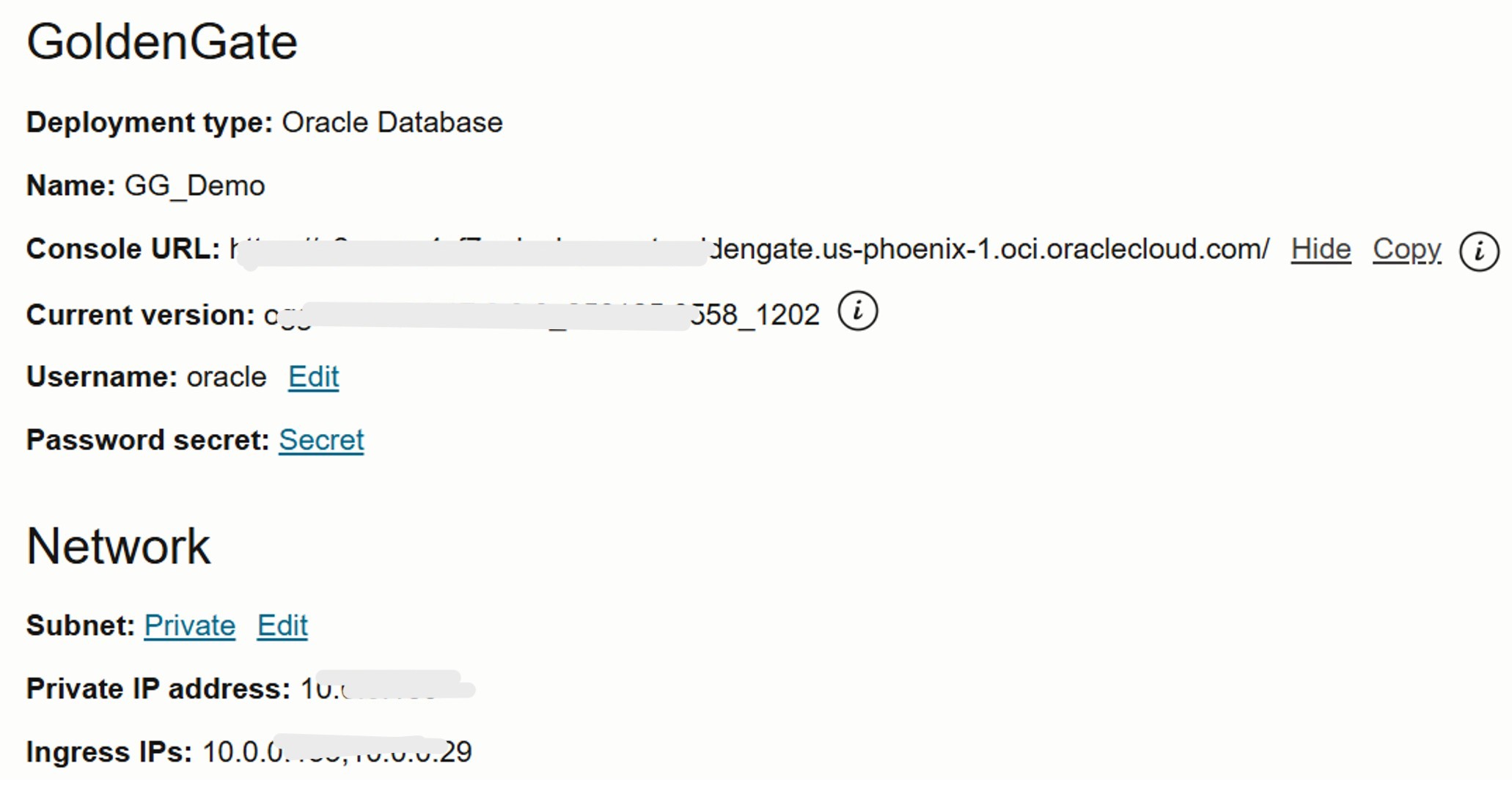

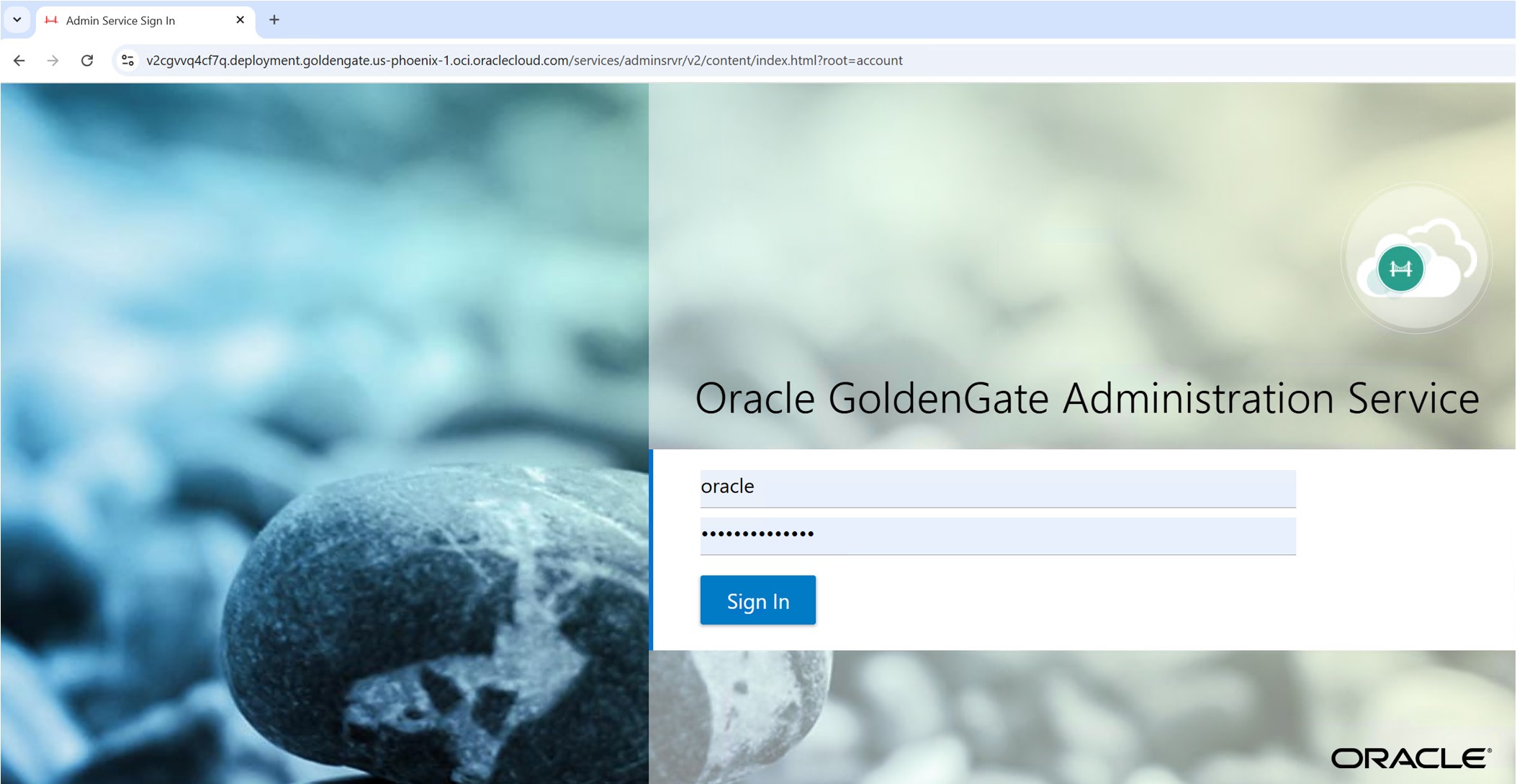

URL console: l'URL della console OCI GoldenGate viene utilizzato per accedere e gestire la distribuzione.

Segue questo formato:

https://[random-characters].deployment.goldengate.[region].oci.oraclecloud.com/.Ad esempio:

https://v2cxxxxxxf7q.deployment.goldengate.us-phoenix-1.oci.oraclecloud.com/Questo URL è accessibile tramite la porta 443. Le opzioni di accesso dipendono dall'impostazione della rete e anche dagli endpoint creati dagli utenti, solo privati o pubblici.

- Accesso dalla stessa rete cloud virtuale (VCN).

- Accesso da una VCN diversa nella stessa area.

- Accesso da una VCN diversa in un'area o tenancy diversa.

- Accesso da on-premise o da un altro cloud pubblico (Amazon Web Services, Microsoft Azure, Google Cloud Platform).

- Accesso da Internet.

- Accesso da un endpoint personalizzato.

Obiettivi

- Comprendere le considerazioni sulla rete e le architetture supportate per le distribuzioni OCI GoldenGate.

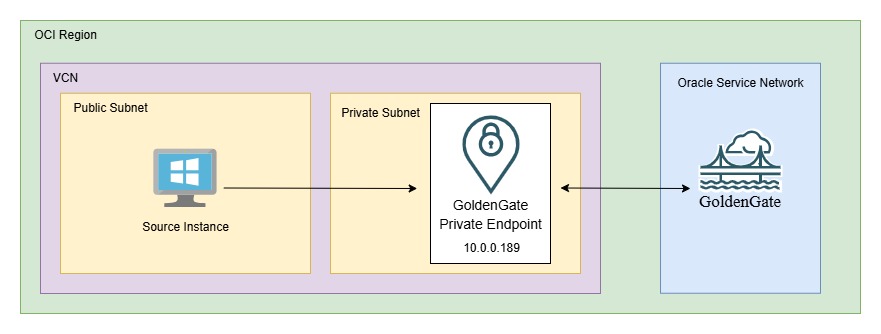

Scenario 1: accesso dalla stessa VCN

L'accesso all'URL della console GoldenGate OCI dalla stessa VCN è consentito per impostazione predefinita.

L'URL console viene risolto internamente in un indirizzo IP privato assegnato all'endpoint privato dalla subnet selezionata durante la distribuzione. Questo IP privato è accessibile solo alle risorse all'interno della stessa VCN.

Questa configurazione è semplice e funziona in modo affidabile.

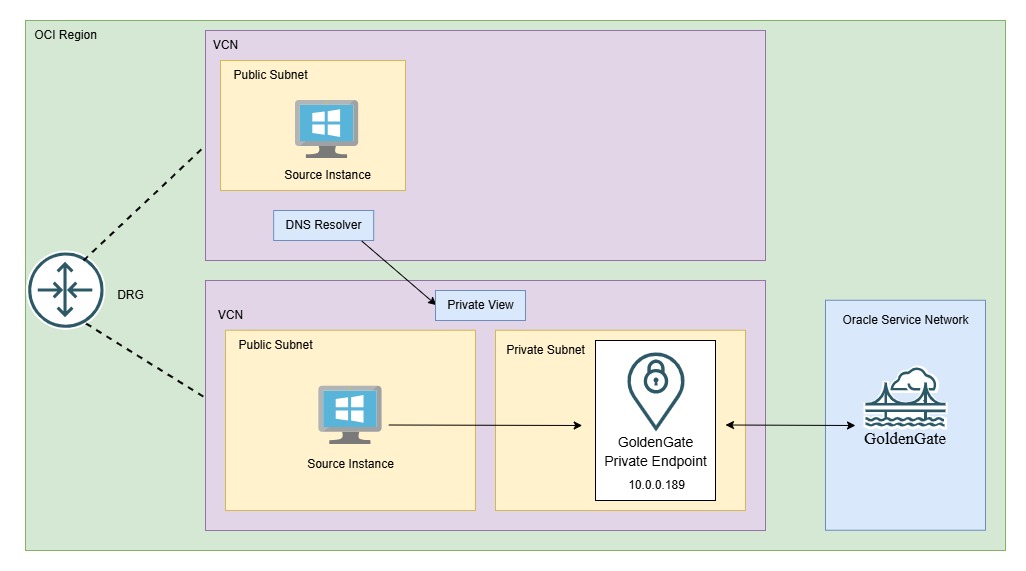

Scenario 2: accesso da una VCN diversa nella stessa area

Se l'host di origine/base si trova in un'altra VCN, ma all'interno della stessa area.

-

Impostare la connettività utilizzando il collegamento DRG (Dynamic Routing Gateway) (consigliato) o LPG (Local Peering Gateway). Per ulteriori informazioni, vedere Gateway di instradamento dinamico.

-

Per la risoluzione DNS, sono disponibili le seguenti opzioni per Risoluzione nome:

-

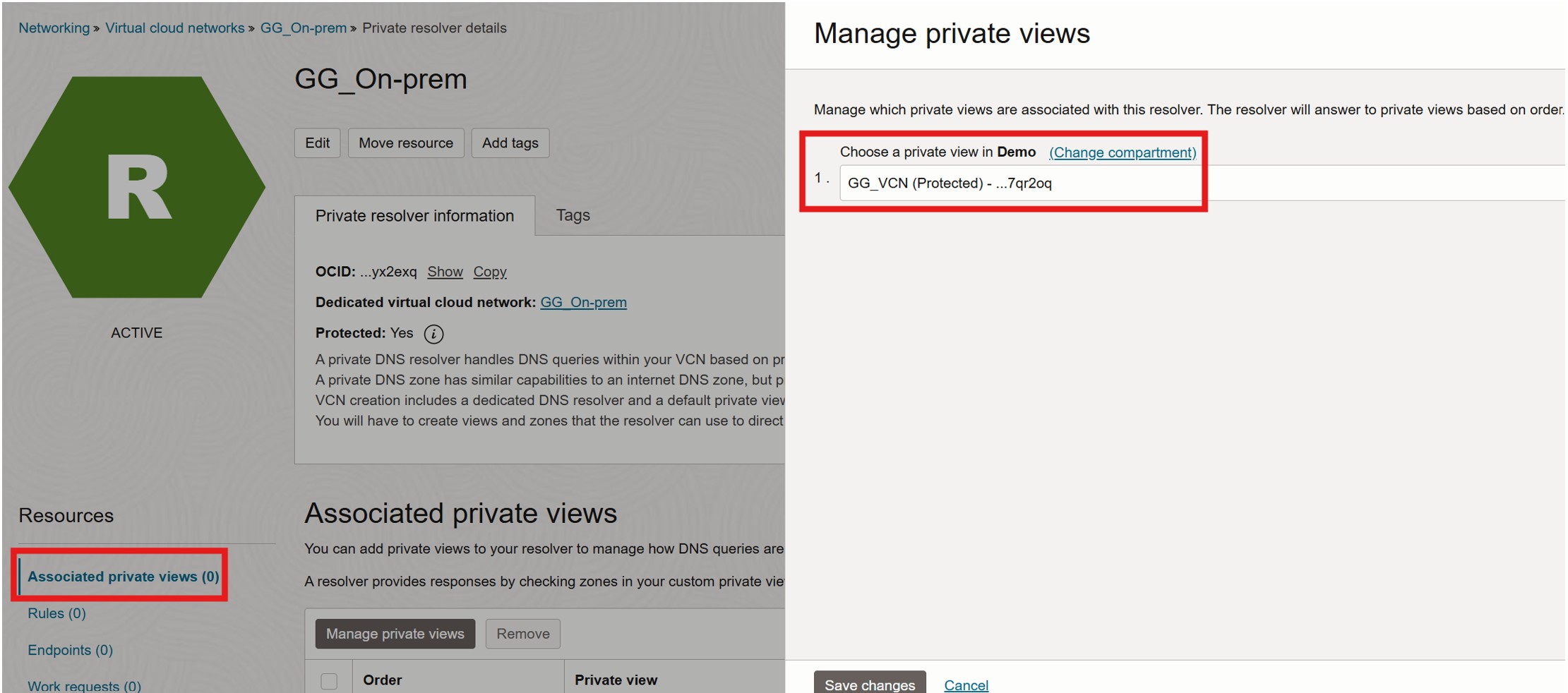

Associa vista privata (consigliato):

Andare al resolver DNS della VCN di origine e associare la vista privata della VCN GoldenGate OCI.

-

Crea inoltro condizionale:

Impostare una regola di inoltro personalizzata utilizzando un inoltro DNS VCN o un server DNS privato.

-

Aggiornare il file host:

Possiamo anche aggiornare il file host del sistema operativo. Ciò risolverà l'FQDN localmente sul nostro host e si connetterà tramite l'IP privato della console OCI GoldenGate. Questa opzione è utile quando si desidera risolvere il nome FQDN GoldenGate OCI solo da istanze di computazione specifiche e non si desidera utilizzare la vista privata associata per l'intera VCN. Tuttavia, questa opzione ha la limitazione che si tratta di un processo manuale per ogni host e non è facilmente scalabile.

-

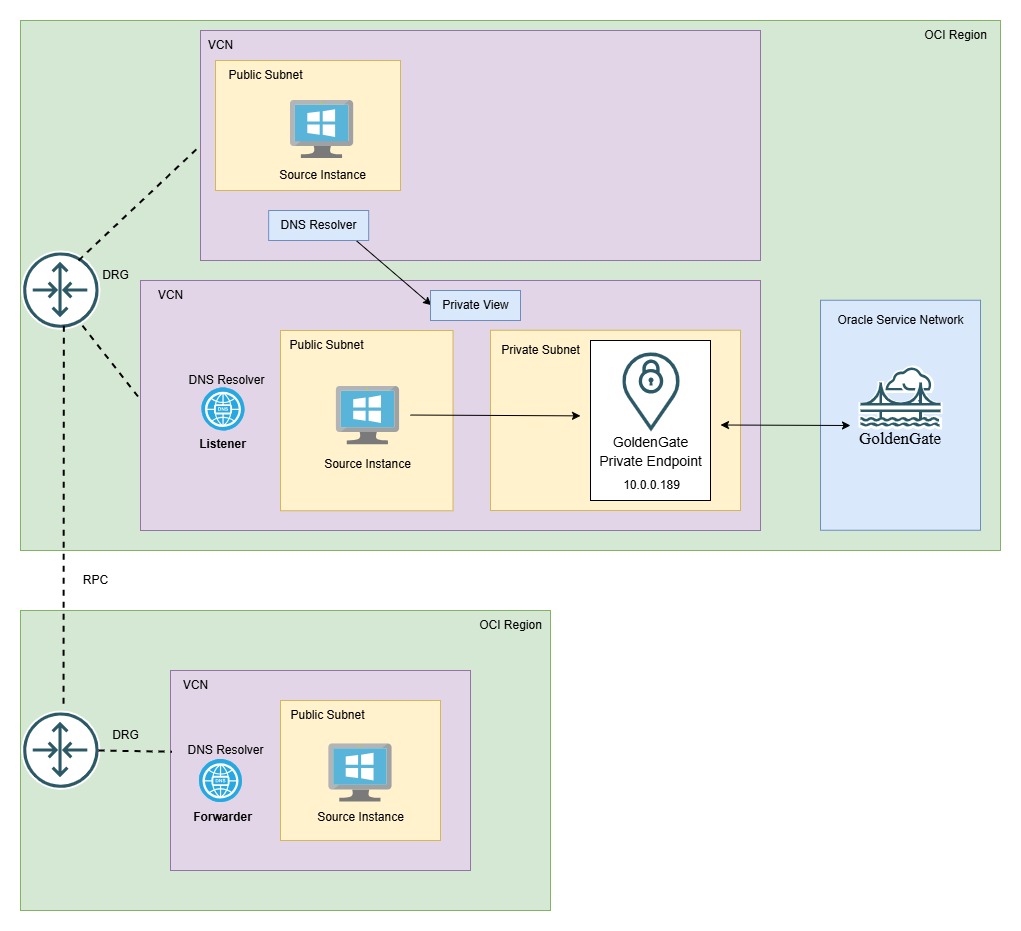

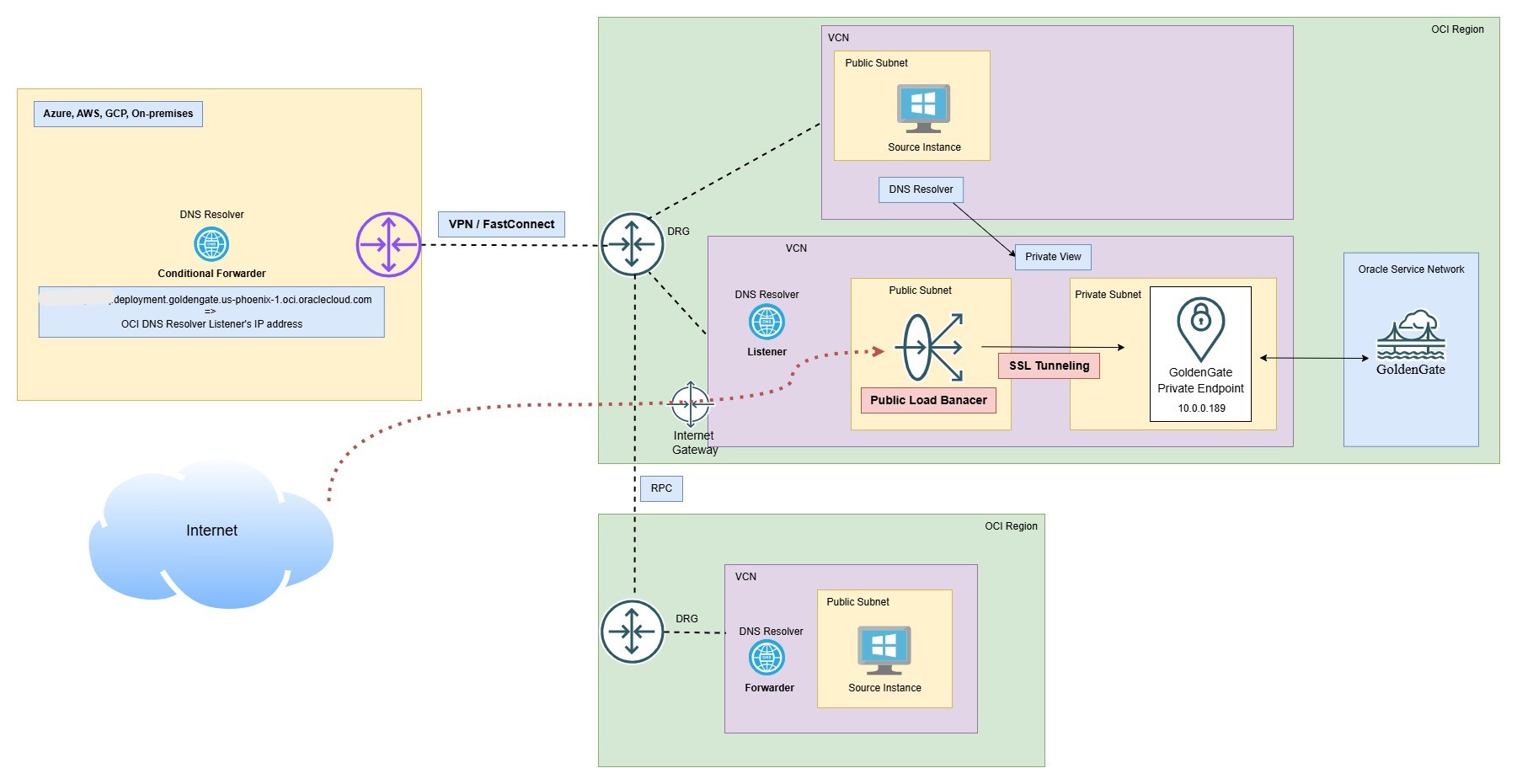

Scenario 3: accesso da una VCN diversa in un'area o tenancy diversa

Attenersi alla procedura riportata di seguito se l'host di origine/base si trova in un'area/tenancy diversa. Poiché l'associazione delle viste private tra tenancy o aree non è supportata.

-

Impostare la connessione RPC (Remote Peering Connection) tra VCN in un'area/tenancy diversa. Per ulteriori informazioni, vedere Peering VCN remoto tramite un DRG aggiornato.

-

Per la risoluzione DNS, sono disponibili le seguenti opzioni per Risoluzione nome:

-

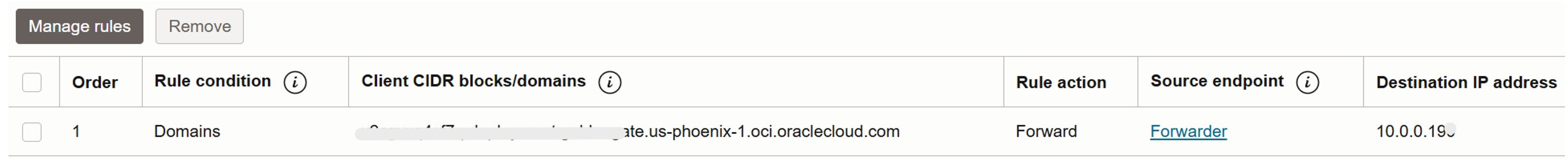

Crea inoltro condizionale (consigliato):

Impostare gli endpoint del resolver DNS (listener e forwarder) e configurare le regole di inoltro per il nome FQDN GoldenGate OCI. Attenersi alla procedura per creare l'inoltro condizionale del resolver DNS OCI:

-

Andare alla VCN GoldenGate OCI, andare al resolver DNS, agli endpoint, all'creazione dell'endpoint e fare clic su Crea listener.

-

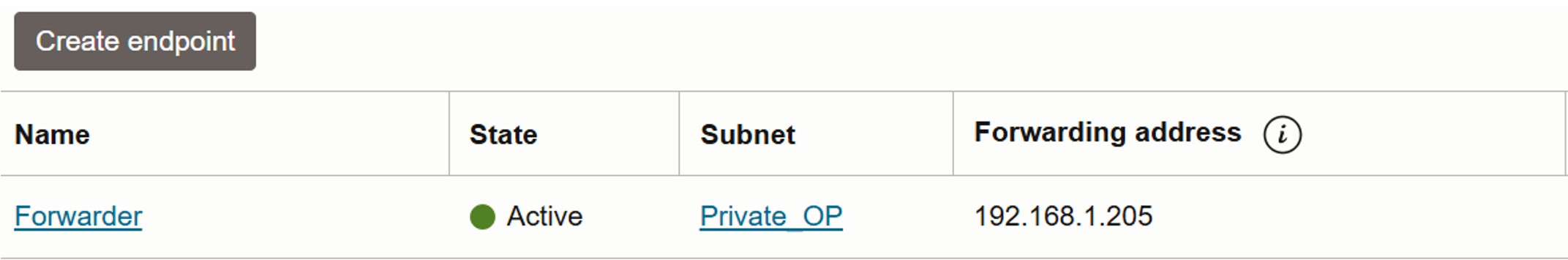

Andare alla VCN di origine in un'area o tenancy diversa, andare a Resolver DNS, Endpoint, Crea endpoint e fare clic su Crea inoltro.

-

Fare clic su Regole, Gestisci regole e aggiungere una regola di inoltro per il nome FQDN della console OCI GoldenGate, che punta all'IP del listener creato nel passo 1.

-

-

Aggiornare il file host:

Modificare il file host sui singoli computer (manuale e non scalabile).

-

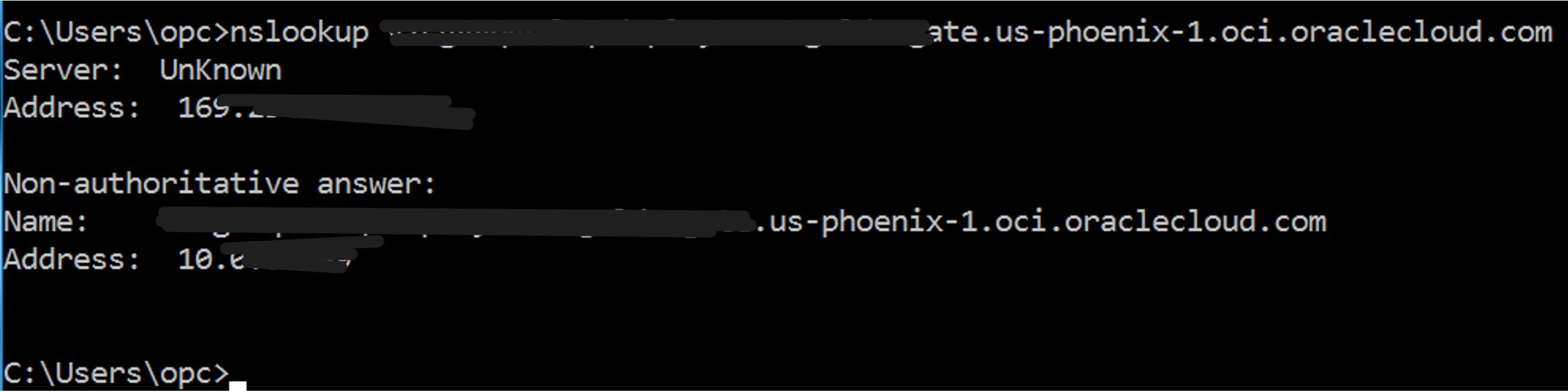

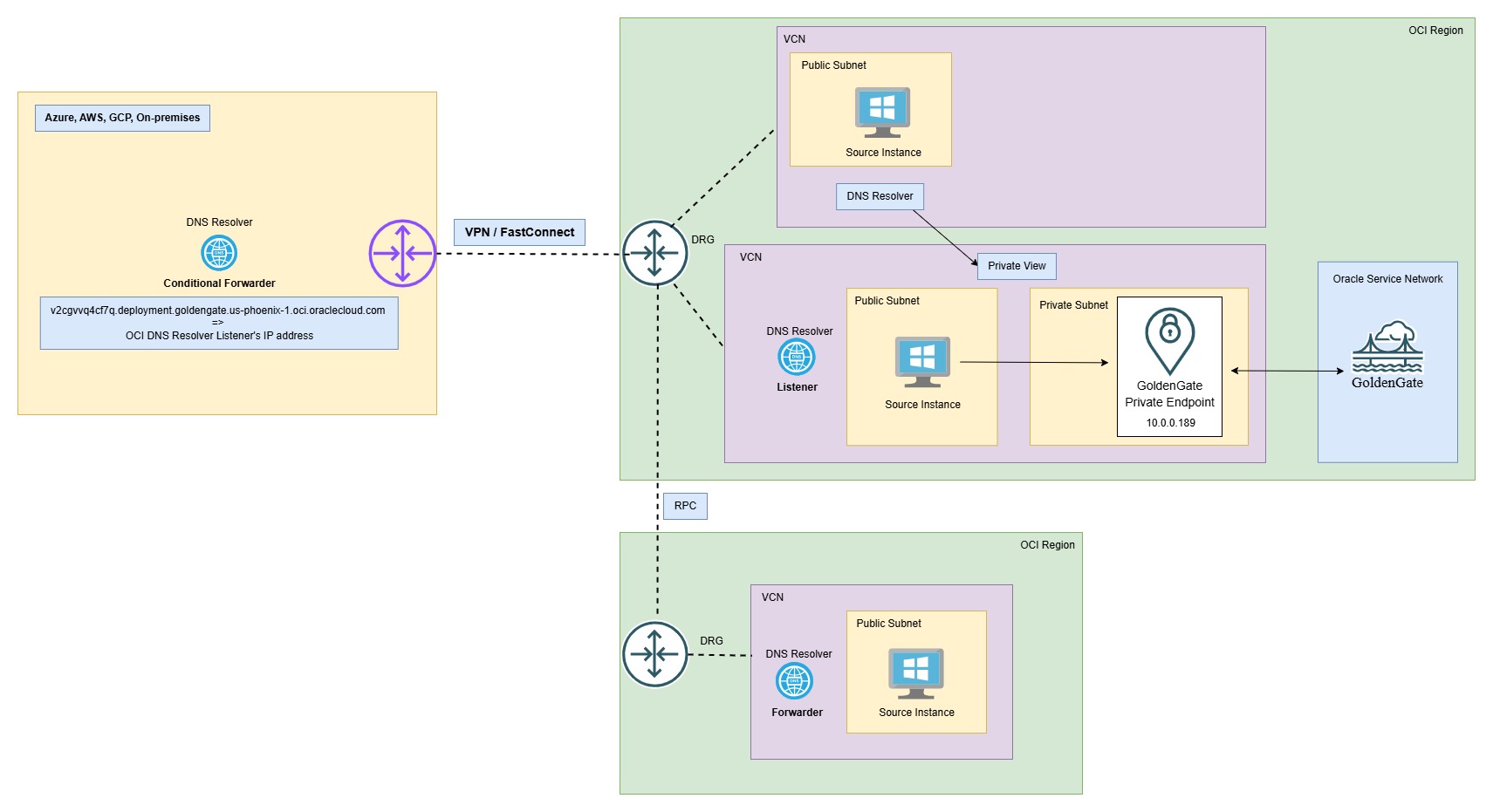

Scenario 4: accesso da ambienti on-premise o altri cloud pubblici (AWS, Azure e GCP)

Si tratta di uno scenario comune quando si accede privatamente alla console del servizio GoldenGate OCI da ambienti on-premise o da altri cloud pubblici (come Amazon Web Services, Microsoft Azure o Google Cloud Platform).

-

Il primo requisito è stabilire la connettività di rete, con le opzioni principali che sono VPN da sito a sito OCI o peering privato OCI FastConnect. Questi metodi di connettività forniscono l'accesso ai servizi privati OCI. Per ulteriori informazioni, vedere Panoramica sulla VPN da sito a sito e FastConnect Panoramica.

-

La risoluzione DNS rimane una richiesta di verifica perché i nomi FQDN del servizio sono locali per la VCN. Per risolvere questi FQDN da ambienti on premise o altri cloud, sono disponibili le opzioni riportate di seguito.

-

Crea inoltro condizionale (consigliato):

In questo approccio, è possibile impostare un endpoint di inoltro DNS o un server DNS privato (ad esempio un server DNS Windows) con inoltro condizionale per la risoluzione del nome. Il server DNS inoltrerà le richieste di risoluzione all'indirizzo IP del listener del resolver DNS OCI.

-

Aggiornare il file host:

Modificare il file host sui singoli computer (manuale e non scalabile).

-

Scenario 5: Accesso da Internet

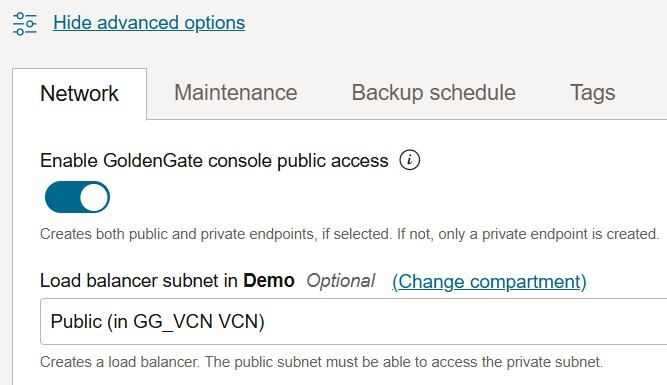

Quando distribuiamo il servizio GoldenGate OCI, l'endpoint privato è l'unico endpoint necessario per una distribuzione e dobbiamo selezionare una subnet privata. Infatti, non mostra nemmeno sottoreti pubbliche nel menu a discesa.

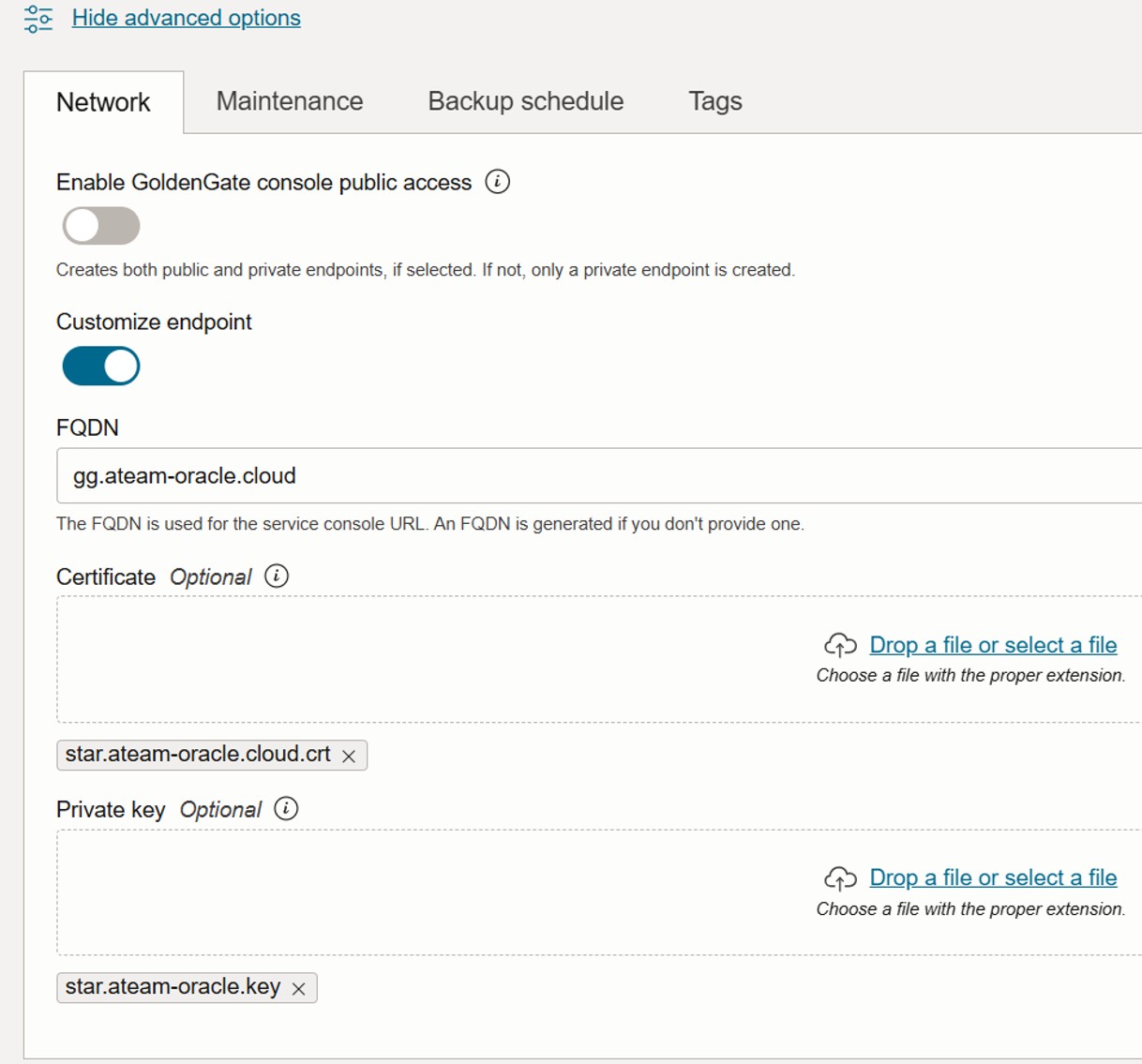

L'endpoint pubblico è facoltativo ed è disponibile un'opzione separata per abilitare l'accesso pubblico della console OCI GoldenGate, che ci consente di selezionare una subnet pubblica in Mostra opzioni avanzate.

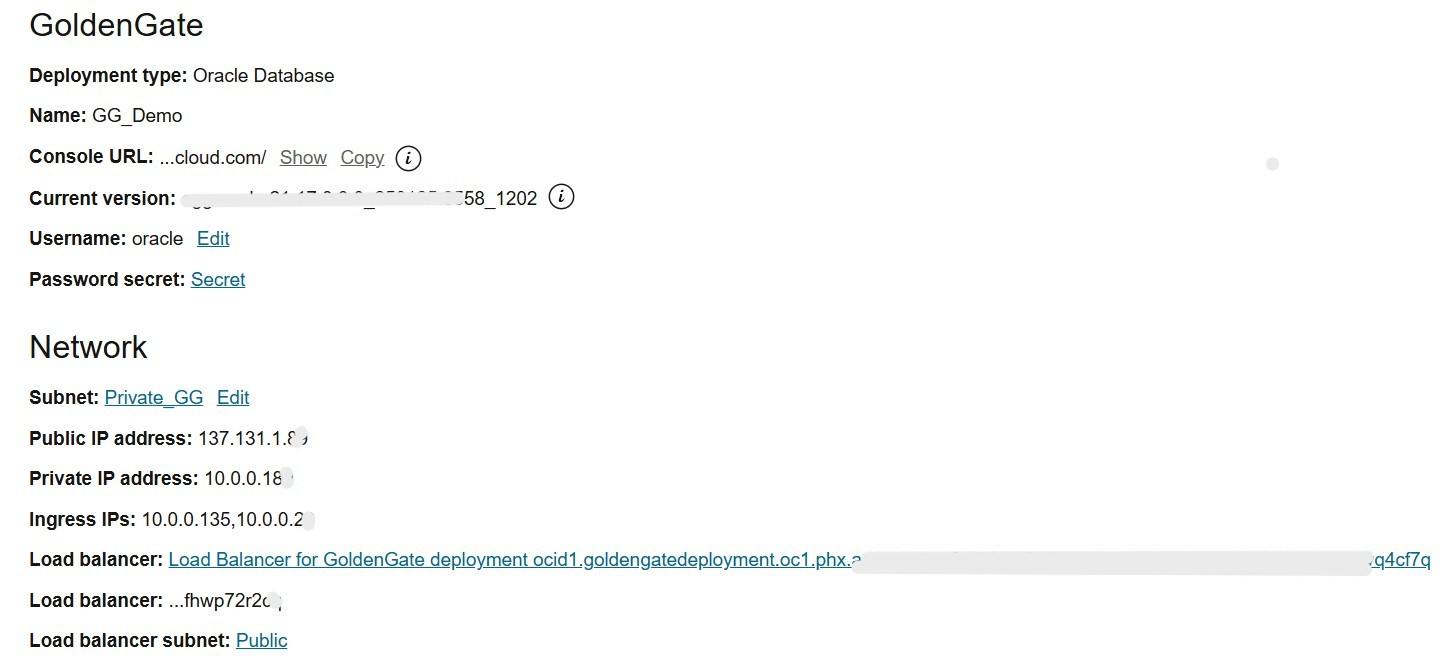

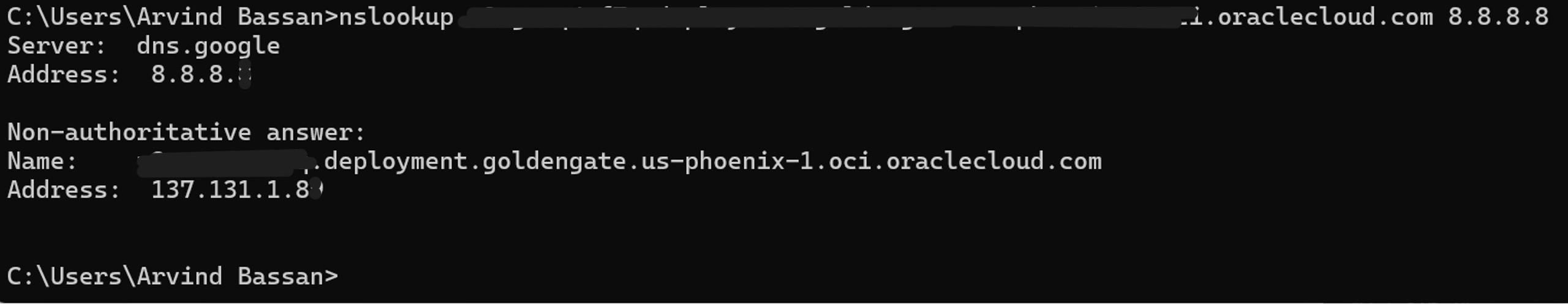

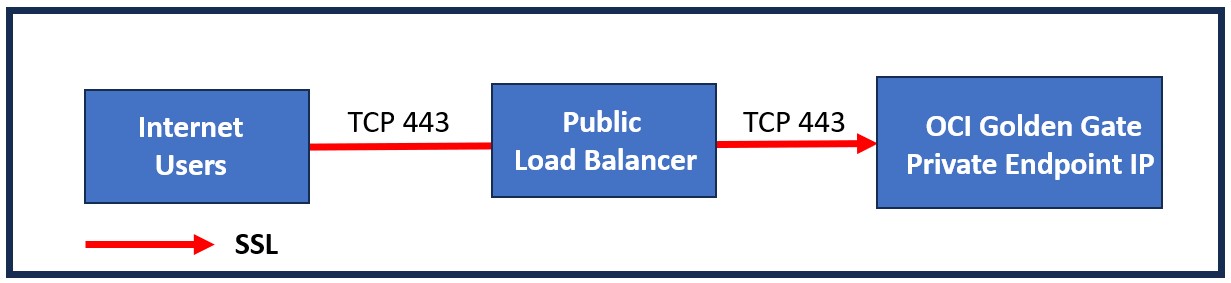

In questo modo viene eseguito il provisioning di un load balancer OCI pubblico con tunneling SSL nella subnet pubblica. Questa opzione risolve l'FQDN di accesso alla console OCI GoldenGate nell'indirizzo IP pubblico del load balancer su Internet. Pertanto, possiamo accedere alla console OCI GoldenGate anche da Internet.

Potete vedere tutto questo nella seguente immagine:

Scenario 6: accesso da un endpoint personalizzato

Il servizio OCI GoldenGate ci consente anche di impostare un endpoint personalizzato per accedere alla console OCI GoldenGate. È possibile immettere un nome FQDN personalizzato insieme al certificato SSL e alla chiave privata corrispondenti in formato .pem in Mostra opzioni avanzate.

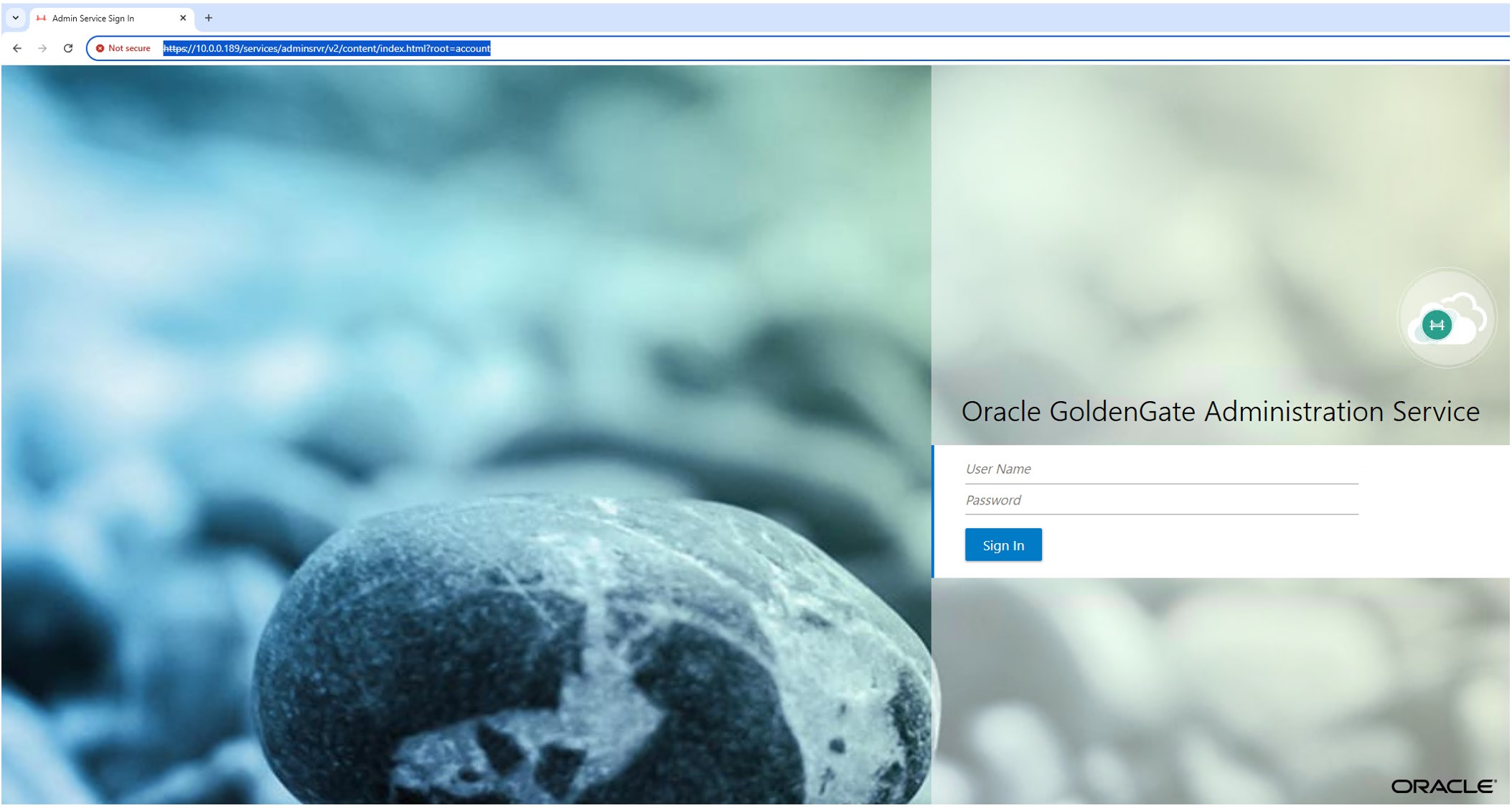

Nota: possiamo anche accedere alla console OCI GoldenGate direttamente utilizzando il suo IP privato o pubblico. Tuttavia, il browser visualizzerà un'avvertenza Non sicura perché il nome host non corrisponderà al certificato backend. Pertanto, questo non è un metodo consigliato per accedere alla console OCI GoldenGate, in particolare da Internet.

Si consiglia di impostare una risoluzione DNS appropriata per garantire un handshake SSL completo.

Conclusione

L'implementazione di OCI GoldenGate richiede un'attenta pianificazione del networking e della risoluzione DNS, a seconda dei requisiti di accesso:

- All'interno di una VCN: è disponibile l'accesso diretto. Questa configurazione è semplice e funziona in modo affidabile.

- Tra VCN o tenancy: utilizzare un DRG, un LPG, viste private e l'inoltro condizionale.

- Da on-premise o altri cloud: Stabilisci la connettività utilizzando VPN o OCI FastConnect, combinato con l'inoltro condizionale per la risoluzione DNS.

- Accesso pubblico: distribuisci un load balancer OCI pubblico con tunneling SSL per esporre in modo sicuro il servizio.

- Domini personalizzati: implementa FQDN personalizzati con certificati SSL per abilitare URL sicuri e user-friendly.

La scelta della giusta strategia di networking e DNS garantisce un accesso sicuro e trasparente alle distribuzioni OCI GoldenGate in vari ambienti.

Conferme

- Autore: Arvind Bassan (Principal Cloud Architect)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Understand Network Considerations for Oracle Cloud Infrastructure GoldenGate

G34151-01

Copyright ©2025, Oracle and/or its affiliates.