Nota

- Questa esercitazione richiede l'accesso a Oracle Cloud. Per iscriversi a un account gratuito, consulta Inizia a utilizzare Oracle Cloud Infrastructure Free Tier.

- Utilizza valori di esempio per le credenziali, la tenancy e i compartimenti di Oracle Cloud Infrastructure. Quando completi il tuo laboratorio, sostituisci questi valori con quelli specifici del tuo ambiente cloud.

Configurare l'accesso al servizio privato (PSA) in Oracle Cloud Infrastructure per accedere in modo sicuro ai servizi Oracle dalla VCN

Introduzione

Oracle Cloud Infrastructure (OCI) introduce Private Service Access (PSA), un nuovo costrutto di rete che fornisce connettività IP privata ai servizi OCI (inclusi API, storage degli oggetti e repository Yum) direttamente all'interno della tua rete cloud virtuale (VCN). Con PSA, i carichi di lavoro possono raggiungere in tutta sicurezza i servizi OCI senza attraversare la rete Internet pubblica, continuando a utilizzare gli stessi FQDN familiari.

Fino ad ora, i clienti avevano due opzioni principali per la connettività privata. Il gateway di servizi (SGW) ha reso possibile l'accesso a Oracle Services Network (OSN) da una VCN privata, ma si basa sull'indirizzamento dell'IP pubblico e offre un accesso ampio e completo o nullo. D'altra parte, molti servizi hanno introdotto endpoint privati per offrire un accesso più isolato, ma questi dovevano essere configurati su base per servizio, creando complessità su larga scala.

PSA collega questi approcci combinando il meglio di entrambi i mondi:

-

Un modello unificato e nativo per VCN per l'accesso privato a più API di servizi OCI.

-

Gli IP privati all'interno della tua VCN sono mappati in modo trasparente ai nomi FQDN del servizio che già utilizzi.

-

Controllo dell'accesso per servizio che consente di allinearsi ai requisiti di sicurezza e conformità senza modifiche alle applicazioni.

In questa esercitazione verrà descritto come configurare PSA nella VCN, convalidare la connettività privata eseguendo il test dell'accesso a un'API del servizio OCI (ad esempio, storage degli oggetti, Oracle Yum, API ZPR e così via) e verificare che il traffico rimanga su IP privati anziché utilizzare la rete Internet pubblica. Alla fine, capirai in che modo PSA si confronta con Service Gateway e endpoint privati e come adottarlo come parte di una strategia di rete OCI sicura e moderna.

Perché questo tutorial è essenziale?

La connettività privata ai servizi Oracle è sempre stata possibile in OCI, ma le opzioni sono arrivate con compromessi. Il gateway di servizi ha fornito ai clienti un modo semplice per raggiungere Oracle Services Network, ma si affidava ancora agli IP pubblici e consentiva solo un accesso ampio. Gli endpoint privati specifici del servizio offrivano un isolamento più forte, ma richiedevano di distribuirli e gestirli singolarmente, aggiungendo il sovraccarico operativo durante il ridimensionamento.

Private Service Access (PSA) colma la lacuna fornendo una soluzione unificata e nativa per la VCN per l'accesso alle API dei servizi OCI. Garantisce che il traffico rimanga su IP privati, applica il controllo dell'accesso per servizio e conserva gli stessi nomi FQDN già utilizzati dalle applicazioni.

Questa esercitazione è essenziale perché mostra come configurare PSA da un capo all'altro, verificare che i carichi di lavoro si connettano alle API del servizio OCI senza toccare la rete Internet pubblica e capire come PSA si confronta con gli approcci esistenti. Completandolo, otterrai le basi per adottare PSA in modo sicuro nei tuoi ambienti OCI.

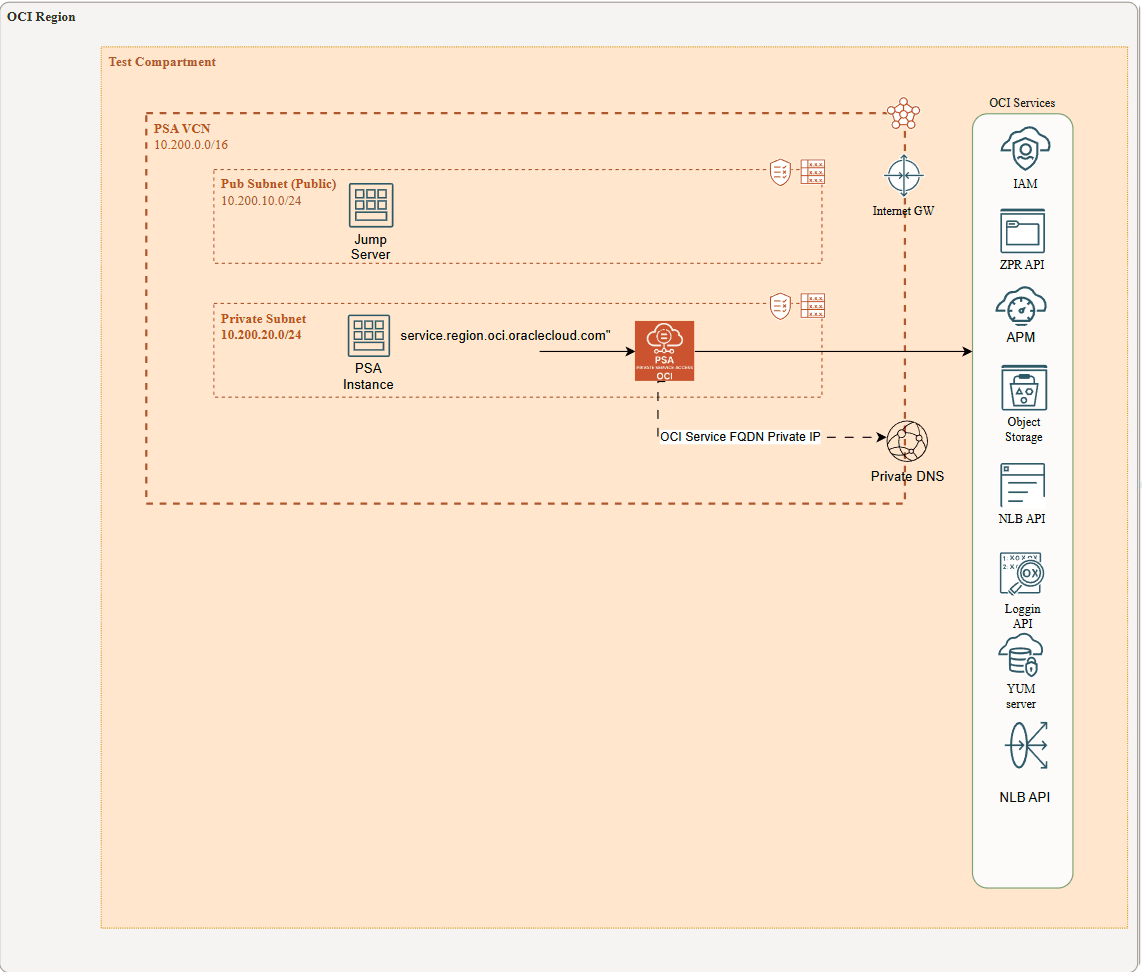

Architettura

Questa architettura mostra una virtual machine (VM) client, denominata istanza PSA, in esecuzione in una subnet privata senza accesso a Internet (tramite IGW o NAT GW) e nessuna connettività ai servizi OCI tramite un gateway di servizi. La VM utilizza invece Private Service Access (PSA) per raggiungere i servizi pubblici OCI. Un server di salto in una subnet pubblica viene utilizzato per connettersi all'istanza PSA tramite ssh durante i test.

Quando viene creato un endpoint PSA, il servizio aggiorna automaticamente il resolver DNS privato della VCN aggiungendo i nomi di dominio (FQDN) completamente qualificati dei servizi pubblici OCI di destinazione alle viste private e mappandoli all'indirizzo IP privato del servizio PSA. Allo stesso modo, quando l'endpoint PSA viene eliminato, tali FQDN vengono rimossi. Ad esempio, yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com e altri.

Obiettivi

Alla fine di questo tutorial:

- Scopri in che modo Private Service Access (PSA) consente ai carichi di lavoro delle subnet private di connettersi in modo sicuro ai servizi pubblici OCI.

- Scopri in che modo PSA si integra con il DNS privato della VCN per mappare automaticamente i nomi FQDN del servizio agli IP privati.

- Distribuisci e configura un endpoint PSA in Oracle Cloud Infrastructure.

- Verificare la connettività da una VM privata tramite PSA ai servizi OCI selezionati.

Prerequisiti

-

Una tenancy OCI attiva. È necessario disporre delle autorizzazioni necessarie per creare e gestire le risorse di rete in OCI.

-

Comprensione di base del sistema operativo Linux, OCI e Oracle Linux, inclusa l'installazione e la configurazione di software in Linux.

-

Una buona comprensione di come utilizzare OCI Console per creare e gestire le risorse di rete.

-

Buona conoscenza dello strumento CLI OCI.

Task 1: Distribuzione del componente di networking (VCN, subnet e VM)

1.- Distribuire una rete cloud virtuale (VCN) con almeno due subnet (subnet pubblica e privata) nella tenancy, utilizzando un CIDRIPv4 CIDR IPv4 di propria scelta o seguendo l'architettura consigliata. Per ulteriori informazioni, fare riferimento agli argomenti sotto riportati.

2.- Distribuire due VM linux (Jump Server in public, istanza PSA in private), una per ogni subnet. Per ulteriori informazioni, fare riferimento agli argomenti sotto riportati.

Task 2: Test della VM del server Jump per accedere all'istanza PSA

Useremo la VM del server Jump Linux come punto di accesso per raggiungere la VM ospitata nella subnet privata (istanza PSA). Come sapete, le VM nelle subnet private sono raggiungibili solo tramite i loro IP privati e non dispongono di connettività Internet. Per abilitare l'accesso, è necessario caricare la chiave privata SSH dell'istanza PSA nel server Jump. Da lì, è possibile avviare le connessioni SSH all'istanza PSA. Si consiglia di utilizzare SFTP per caricare la chiave in modo sicuro.

Una volta caricata la chiave privata per saltare il server tramite SFTP, si ssh in jump server e:

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)Nota: se si verificano problemi di compatibilità quando si utilizza la chiave privata SSH generata in OCI, è possibile convertirla nel formato richiesto utilizzando uno strumento come PuTTYgen (per Windows) o OpenSSL (per Linux/macOS). Questi strumenti consentono di trasformare la chiave tra i formati in modo che possa essere utilizzata senza problemi con il client SSH.

Per informazioni dettagliate, fare riferimento alla documentazione di puttyGen: PuttyGen

Task 3: Installa OCI cli nell'istanza PSA

Dopo aver eseguito il login all'istanza PSA, è necessario installare l'interfaccia CLI OCI

Per installare l'interfaccia CLI OCI, consultare questa documentazione: installazione dell'interfaccia CLI OCI

Tenere presente che questa VM PSA, ospitata in una subnet privata, richiederà temporaneamente l'accesso a Internet. Si consiglia di aggiungere un gateway NAT alla VCN e di creare un instradamento 0.0.0.0/0 che vi punta.

Fare riferimento a questa documentazione per configurare e utilizzare il gateway NAT: Gateway NAT OCI

Dopo l'installazione, è molto importante rimuovere il gateway NAT dalla subnet privata. L'obiettivo è quello di eseguire il test del servizio Oracle da una subnet strettamente privata senza accesso pubblico, in entrata o in uscita.

Task 4: Aggiungere i servizi PSA per il test

In questo task aggiungeremo un gruppo di servizi PSA da sottoporre a test in un secondo momento dall'istanza PSA privata tramite API CLI OCI.

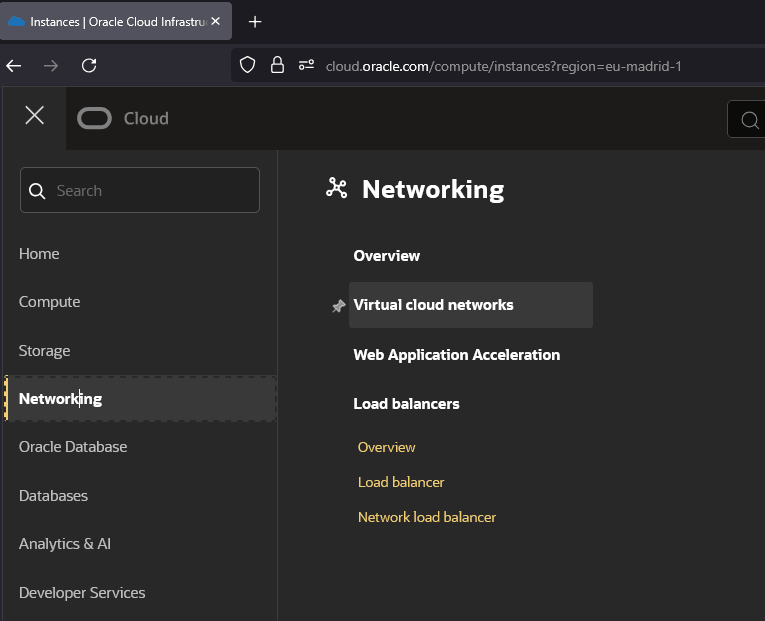

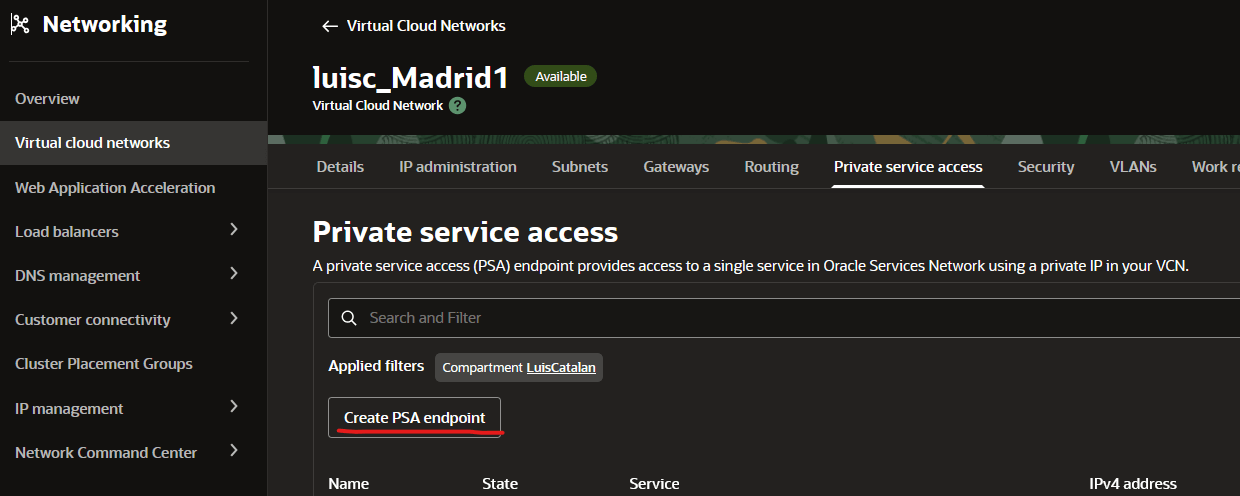

1.- Vai alla console OCI: Networking-VCN

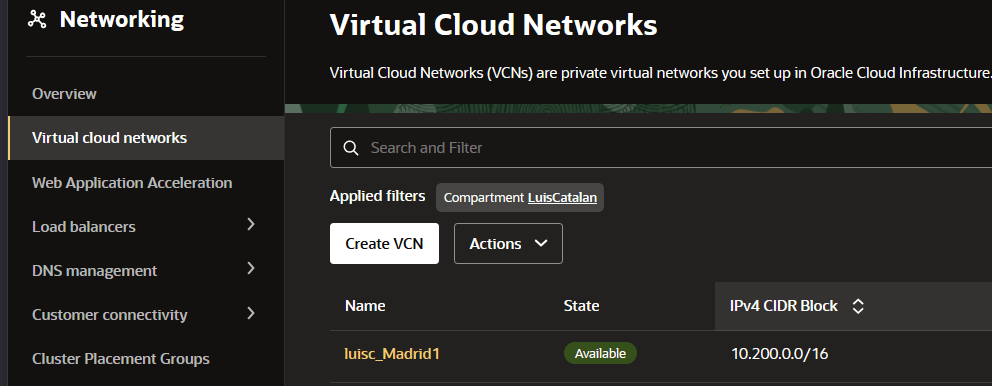

2.- Fai clic su "Reti cloud virtuali" e scegli la VCN in cui si trova l'istanza privata PSA.

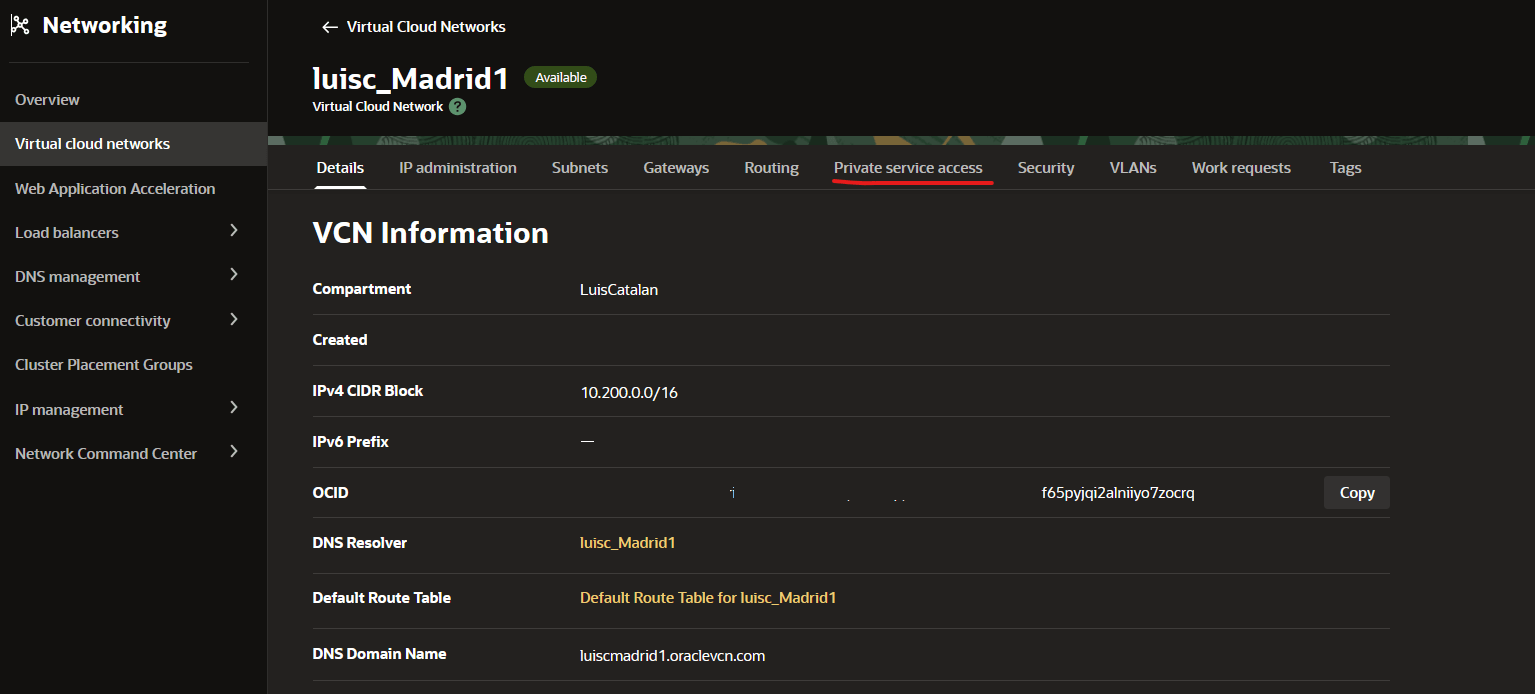

3.- All'interno della VCN, scegli l'accesso al servizio privato.

4.- Premere il pulsante Crea endoint PSA.

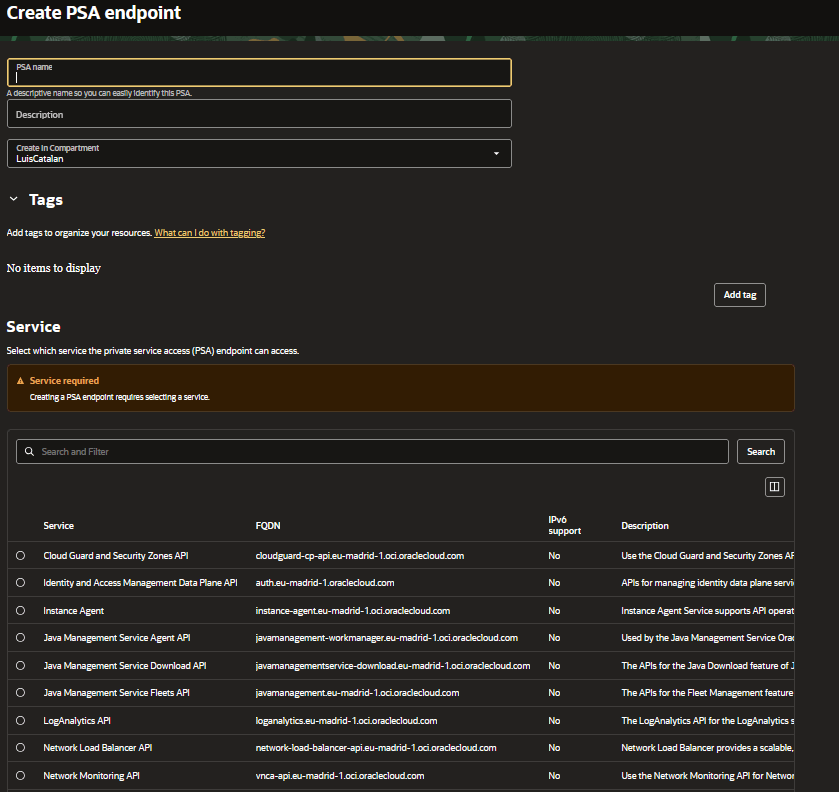

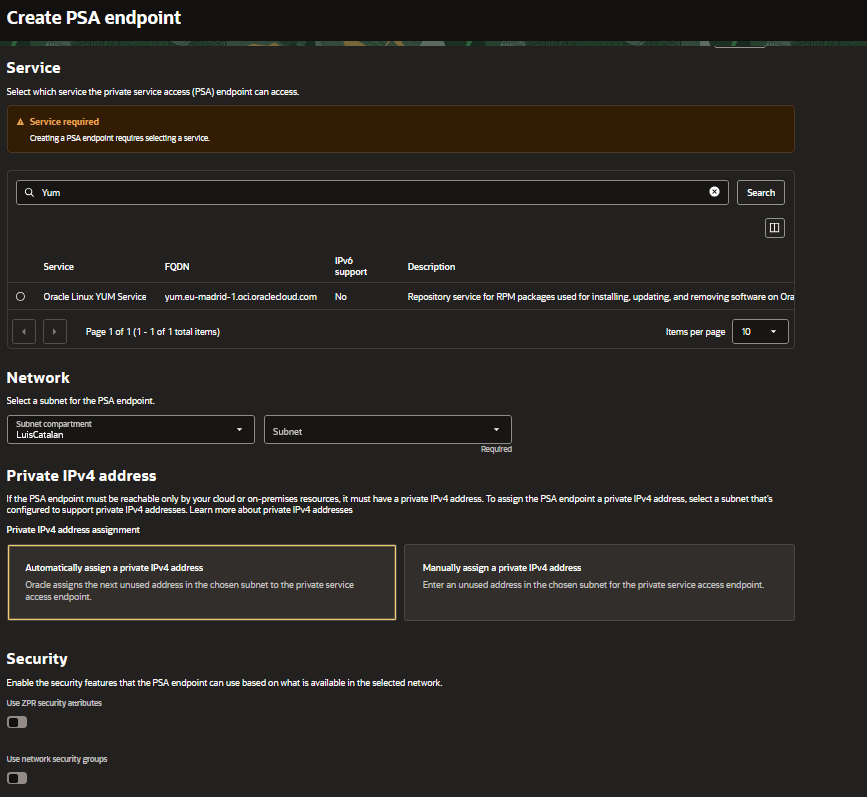

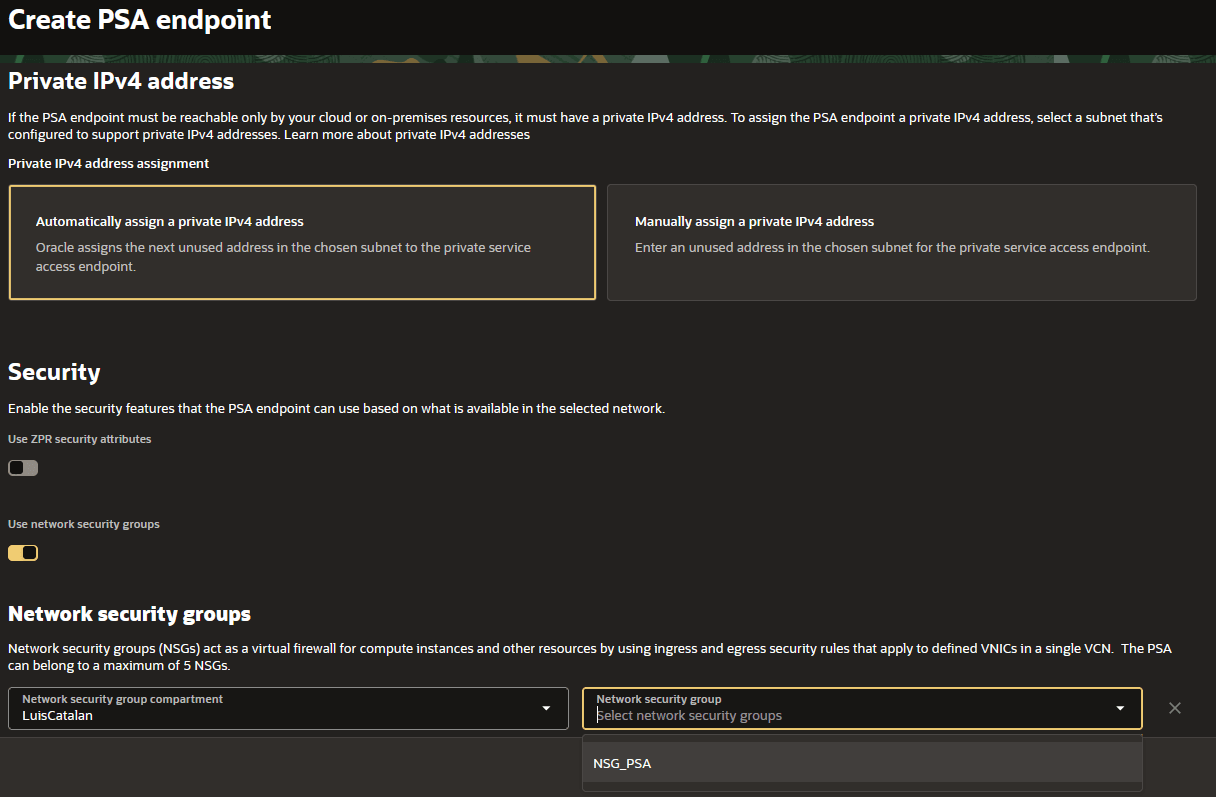

5.- Una volta nel menu Crea PSA, dovrai scegliere un nome per il servizio PSA, il compartimento in cui verrà creato, il tipo di servizio PSA che desideri creare, il compartimento e la subnet in cui verrà creato l'endpoint. Inoltre è possibile scegliere un'assegnazione automatica di IP privato o manuale. L'ultima opzione riguarda la sicurezza. Si consiglia di assegnare un attributo di sicurezza ZPR o NSG per consentire il traffico verso tale endpoint.

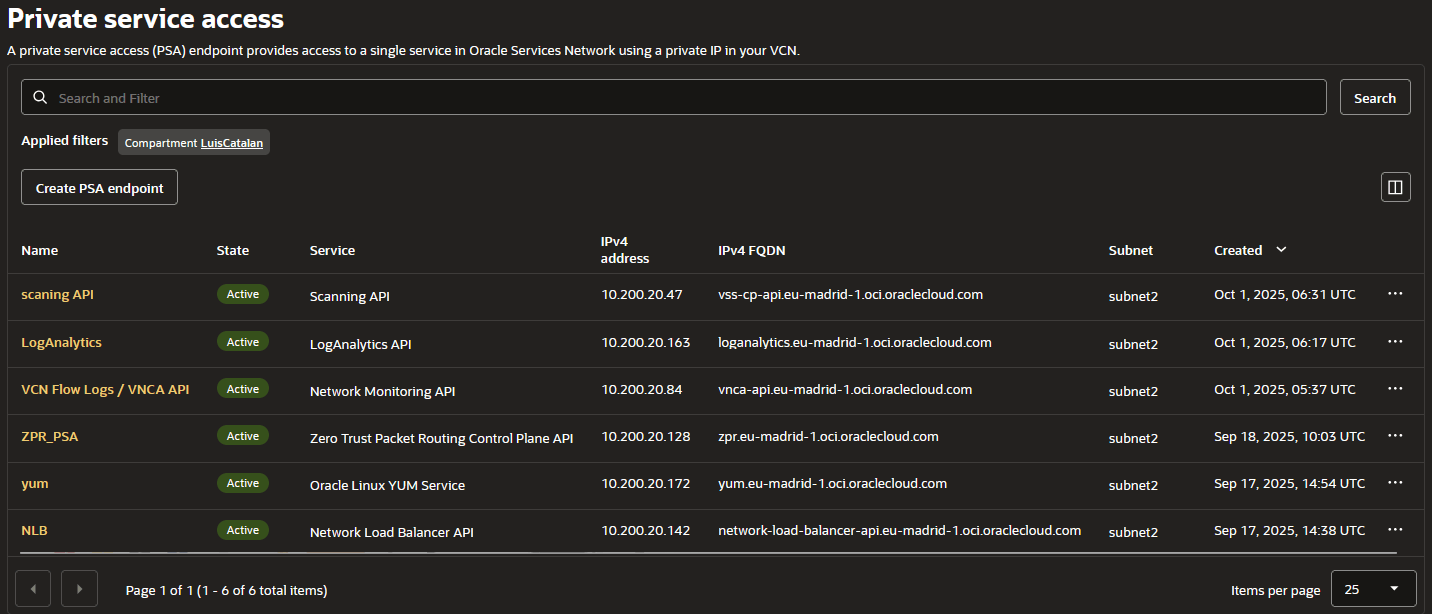

Una volta creati, i PSA verranno visualizzati nel seguente elenco:

Al PSA viene assegnato un indirizzo IP privato dalla subnet in cui è stato creato. Questo IP privato può essere assegnato automaticamente o scelto manualmente dalla subnet e nella console viene visualizzato come 'indirizzo IPv4'. Il PSA ha anche un FQDN associato (nome dominio) per il servizio privato, mostrato nella console come 'IPv4 FQDN', che mappa allo stesso IP privato.

Task 5: Test dell'endpoint PSA

Ora dobbiamo testare l'endpoint PSA. In questo esempio, verrà eseguito il test del server YUM e dell'API del piano di controllo di instradamento Zero Trust Packer.

1.- Innanzitutto, connettiti al server di salto tramite SSH.

2.- Dal server di salto, SSH nell'istanza PSA privata.

Nota: questa istanza non dispone dell'accesso a Internet e non è connessa a un gateway di servizi o a un gateway NAT."

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$Come controllo preliminare, verificheremo se l'FQDN IPv4 punta effettivamente al suo IP privato

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172Se vedi un IP pubblico invece di un IP privato, allora qualcosa è andato storto. Per ulteriori informazioni su IPv4, IPv4

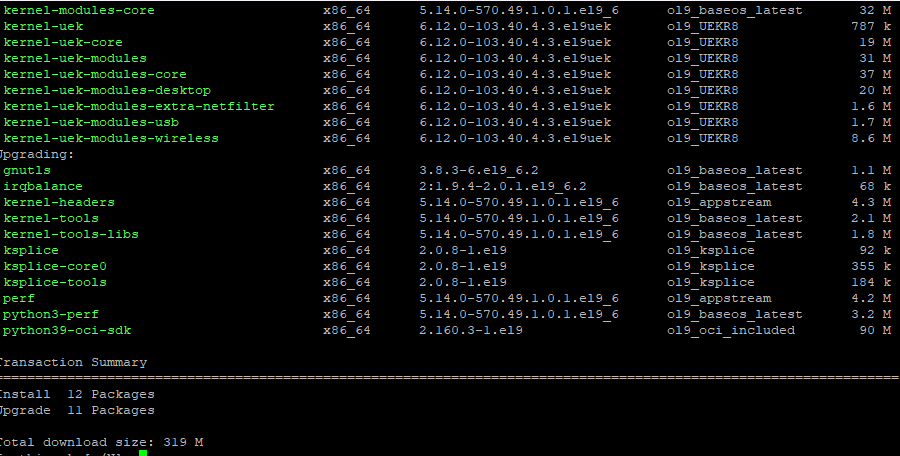

Chiamare l'aggiornamento yum

Il servizio Yum sta attraversando il suo endpoint privato PSA 'yum.eu-madrid-1.oci.oraclecloud.com' all'indirizzo 10.200.20.172 !!

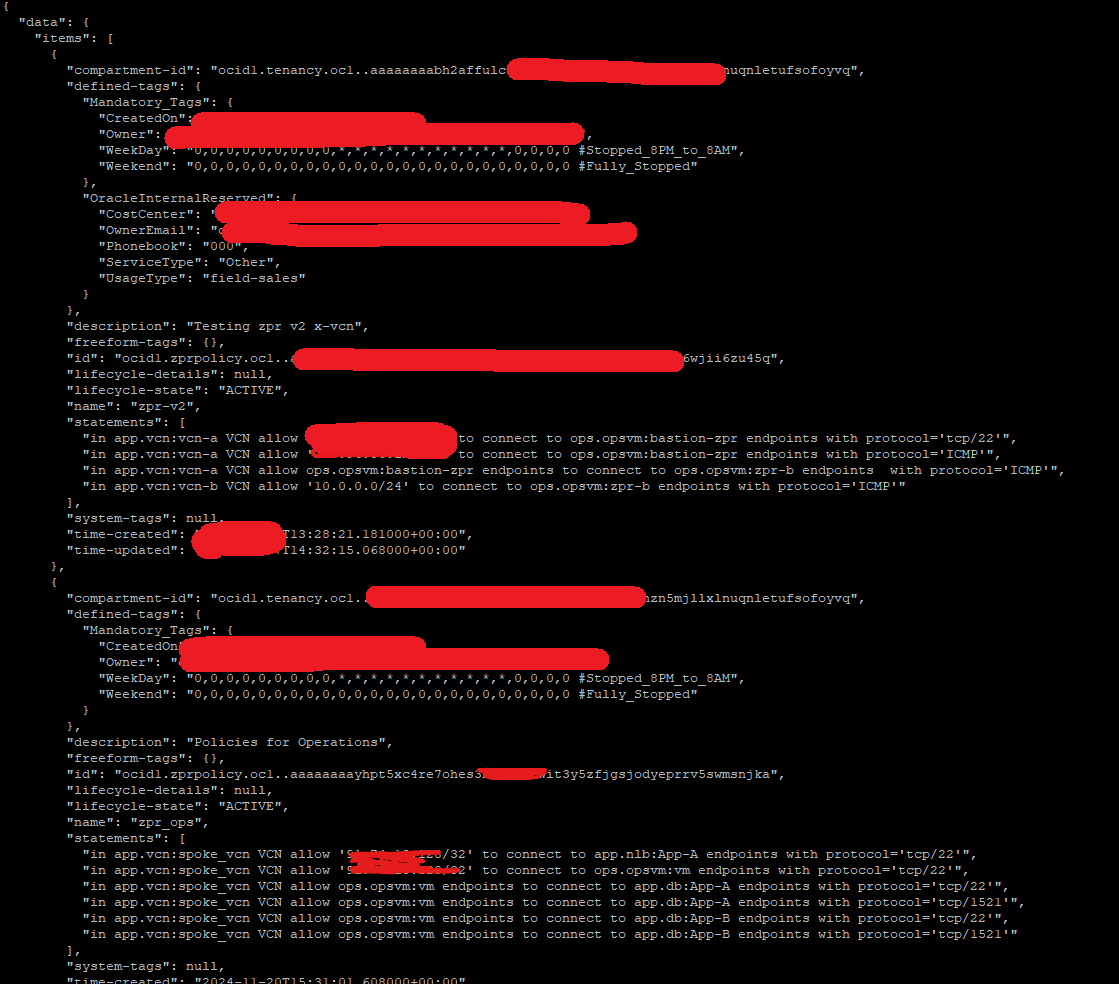

Ora la ZPR:

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

10.200.20.128Ora consente di elencare il numero di criteri ZPR in una determinata tenancy

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

Conclusione

In questa esercitazione è stato descritto come Private Service Access (PSA) consente ai carichi di lavoro nelle subnet private di raggiungere in modo sicuro i servizi pubblici di Oracle Cloud Infrastructure senza richiedere la connettività Internet o Service Gateway. Abbiamo analizzato la configurazione di un endpoint PSA, il ruolo del DNS privato della VCN nel mapping dei nomi FQDN del servizio agli IP privati e come accedere all'istanza privata tramite un server Jump.

PSA è importante perché offre maggiore controllo e flessibilità su quali servizi sono esposti attraverso endpoint privati. Invece di aprire un ampio accesso, puoi definire esattamente quali servizi pubblici OCI sono raggiungibili, rendendo la tua architettura più sicura e granulare in termini di controllo dell'accesso.

Completando i passi di impostazione e verifica, hai visto come PSA offre un modo semplice ma potente per migliorare la sicurezza mantenendo il traffico interamente all'interno della tua VCN. Con queste basi in atto, ora puoi integrare PSA in scenari più complessi.

Collegamenti correlati

Conferme

- Autori - Luis Catalán Hernández (Cloud Infrastructure Networking Black Belt), Cristian Sarafoleanu (Cloud Infrastructure Networking Black Belt)

Altre risorse di apprendimento

Esplora altri laboratori su docs.oracle.com/learn o accedi a più contenuti di formazione gratuiti sul canale YouTube di Oracle Learning. Inoltre, visitare education.oracle.com/learning-explorer per diventare Oracle Learning Explorer.

Per la documentazione del prodotto, visitare Oracle Help Center.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51470-01