Configura

- Risoluzione DNS da OCI a Google Cloud

- Peering delle zone DNS da risolvere da diversi VPC di Google Cloud

- Record CNAME DNS da risolvere da Google Cloud a OCI

Identifica e configura il caso d'uso più rilevante per la tua organizzazione.

Utilizza un DNS privato da OCI a Google Cloud

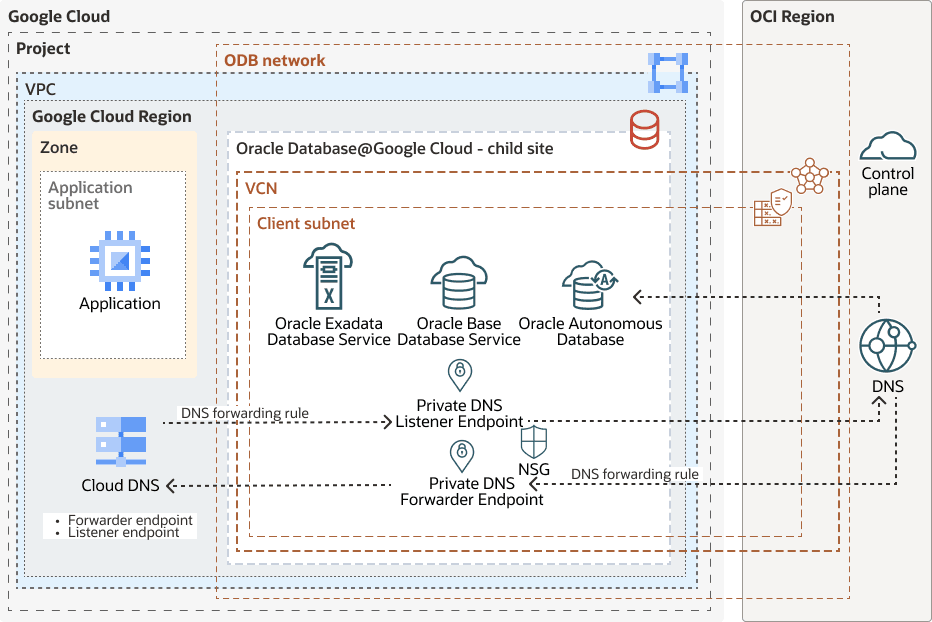

Il diagramma seguente mostra che le query DNS vengono risolte sia da OCI a Google Cloud che da Google Cloud a OCI:

google-dns-forward-oci-dns-oracle.zip

Questa architettura consente la connettività privata e controllata da criteri da un'applicazione Google Cloud ai servizi di database Oracle, con risoluzione DNS gestita utilizzando listener privato e endpoint di inoltro che si integrano con il DNS OCI e il piano di controllo del servizio.

- Forwarder endpoint privato DNS

Per inoltrare la richiesta dal servizio di database a un endpoint del listener DNS Google Cloud, effettuare le operazioni riportate di seguito.

- Creare un endpoint di inoltro DNS OCI.

- Associare un gruppo NSG all'endpoint dello spedizioniere DNS.

- Creare le regole in entrata e in uscita senza conservazione dello stato.

- Regole del resolver

Crea regole di dominio in un DNS del resolver privato che inoltra tutte le richieste all'indirizzo IP dell'endpoint del listener DNS Google Cloud.

Per ulteriori informazioni, consultare la documentazione Endpoint e regole del resolver DNS OCI collegata in Esplora altro.

Usa peering zona DNS per risolvere da VPC di Google Cloud

La zona di inoltro DNS cloud viene configurata quando viene distribuito Oracle Database@Google Cloud. Per risolvere Oracle Database da più VPC, creare una zona DNS privata con peering DNS per eseguire query sullo stesso resolver per una zona di inoltro in un VPC diverso.

Per configurare una zona di peering DNS cloud privata, effettuare le operazioni riportate di seguito.

- Nella console di Google Cloud, andare alla pagina Crea una zona DNS.

- In Tipo area, selezionare Privato.

- Immettere un nome area, ad esempio my-new-zone.

- Immettere un suffisso nome DNS per la zona privata. Questo suffisso è condiviso da tutti i record della zona, ad esempio: example.private. Facoltativamente, aggiungere una descrizione.

- In Opzioni, selezionare Peering DNS.

- Selezionare le reti in cui deve essere visibile la zona privata.

- In Progetto peer selezionare un progetto peer.

- In Peer network selezionare una rete peer.

- Fare clic su Crea.

In questo modo viene creata un'ulteriore zona di peering DNS nel VPC sottoposto a peering che consente di inoltrare query al resolver VCN OCI.

Per ulteriori informazioni, consulta la documentazione sul peering DNS di Google Cloud collegata in Scopri di più.

Utilizzare un record CNAME per risolvere il DNS da Google Cloud a OCI

L'inoltro DNS viene creato per i nomi delle risorse Oracle Database. Puoi creare un record CNAME nella tua zona privata DNS di Google Cloud che punta alle risorse FQDN del database.

Ad esempio, per creare un nome di sottodominio www, ad esempio mydomain.com, in un DNS di Google Cloud, creare un set di record di tipo CNAME nel nome canonico del database (*.oraclevcn.com).

- Nella console di Google Cloud, andare alla pagina DNS cloud.

- Fare clic sull'area in cui si desidera aggiungere un set di record.

- Fare clic su Aggiungi standard.

- In Nome DNS, immettere www.

- In Tipo record risorsa, selezionare CNAME.

- Per Nome canonico, immettere il nome del dominio, seguito da un punto. Ad esempio,

example.com. - Fare clic su Crea.

Questi diversi casi d'uso del DNS consentono una risoluzione sicura, automatizzata e scalabile negli ambienti Oracle Database@Google Cloud e garantiscono un sovraccarico manuale minimo, supportando al contempo topologie aziendali complesse.

Per ulteriori informazioni, consulta il DNS di Google Cloud per creare la documentazione dei record CNAME in Scopri di più.