Impostare una topologia di rete hub e spoke utilizzando i gateway peering locali

Una rete hub-and-spoke, chiamata anche rete stellare, ha un componente centrale che è collegato a più reti intorno ad esso. La topologia complessiva assomiglia a una ruota, con un mozzo centrale collegato a punti lungo il bordo della ruota attraverso più raggi. L'impostazione di questa topologia nel tradizionale data center on-premise può essere costosa. Ma nel cloud, non ci sono costi aggiuntivi.

-

Impostazione di ambienti di sviluppo e produzione separati.

-

Isolamento dei carichi di lavoro di diversi clienti, ad esempio gli abbonati di un fornitore di software indipendente (ISV) o i clienti di un provider di servizi gestiti.

-

Segregare gli ambienti per soddisfare i requisiti di conformità, come il settore delle carte di pagamento (PCI) e i requisiti HIPAA (Health Insurance Portability and Accountability Act).

-

Fornire servizi di tecnologia dell'informazione condivisa come server di log, DNS (Domain Name System) e condivisione di file da una rete centrale.

Architettura

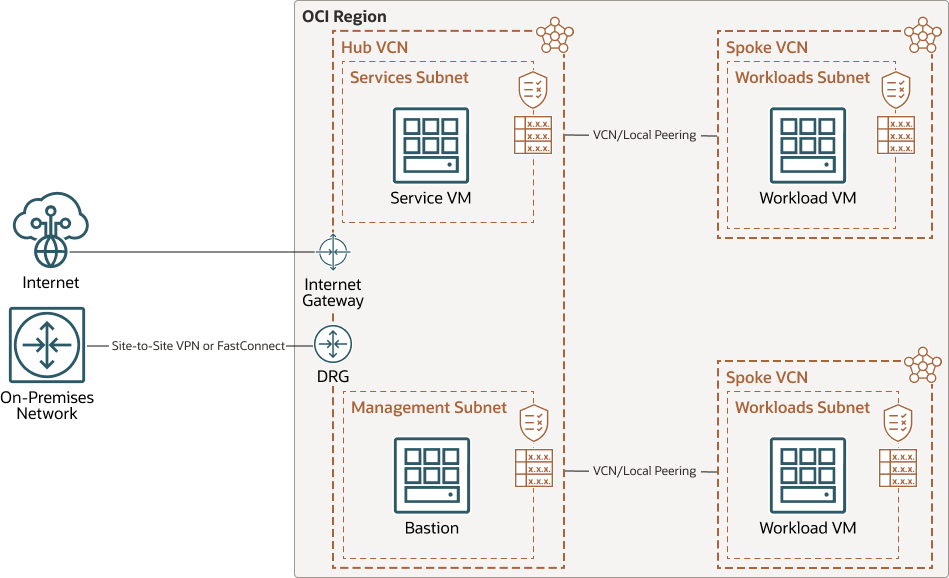

Questa architettura di riferimento mostra un'area Oracle Cloud Infrastructure con una rete cloud virtuale (VCN) hub connessa a due VCN spoke. Ogni VCN spoke viene sottoposto a peering con la VCN hub utilizzando una coppia di gateway di peering locali (LPG).

L'architettura mostra alcune subnet e virtual machine (VM) di esempio. Le liste di sicurezza vengono utilizzate per controllare il traffico di rete da e verso ogni subnet. Ogni subnet dispone di una tabella di instradamento che contiene regole per indirizzare il traffico associato per le destinazioni esterne alla VCN.

La VCN hub dispone di un gateway Internet per il traffico di rete da e verso la rete Internet pubblica. Ha anche un gateway di instradamento dinamico (DRG) per abilitare la connettività privata con la tua rete on-premise, che puoi implementare utilizzando Oracle Cloud Infrastructure FastConnect, la VPN da sito a sito o entrambi.

Puoi utilizzare Oracle Cloud Infrastructure Bastion o un host Bastion per fornire un accesso sicuro alle tue risorse. Questa architettura utilizza Bastion OCI.

Il diagramma seguente illustra l'architettura di riferimento.

- Rete in locale

Questa rete è la rete locale utilizzata dall'organizzazione. È uno dei raggi della topologia.

- Area OCI

Un'area geografica OCI è un'area geografica localizzata che contiene uno o più data center, che ospitano domini di disponibilità. Le regioni sono indipendenti da altre regioni e vaste distanze possono separarle (tra paesi o addirittura continenti).

- Rete e subnet cloud virtuale OCI

Una rete cloud virtuale (VCN, virtual cloud network) è una rete personalizzabile e definita dal software impostata in un'area OCI. Come le reti di data center tradizionali, le reti VCN ti danno il controllo sul tuo ambiente di rete. Una VCN può avere più blocchi CIDR (Classless Inter-Domain Routing) non sovrapposti che è possibile modificare dopo aver creato la VCN. È possibile segmentare una VCN in subnet, che possono essere definite in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet nella VCN. È possibile modificare le dimensioni di una sottorete dopo la creazione. Una subnet può essere pubblica o privata.

- Lista di sicurezza

Per ogni subnet, puoi creare regole di sicurezza che specificano l'origine, la destinazione e il tipo di traffico consentito all'interno e all'esterno della subnet.

- Tabella di instradamento

Le tabelle di instradamento virtuale contengono regole per instradare il traffico dalle subnet alle destinazioni esterne a una VCN, in genere tramite gateway.

- Gateway di instradamento dinamico (DRG)

Il gateway DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra le reti VCN nella stessa area, tra una VCN e una rete esterna all'area, ad esempio una VCN in un'altra area OCI, una rete on premise o una rete in un altro provider cloud.

- OCI Bastion

Oracle Cloud Infrastructure Bastion fornisce un accesso sicuro limitato e limitato nel tempo a risorse che non hanno endpoint pubblici e che richiedono severi controlli di accesso alle risorse, come bare metal e virtual machine, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Cloud Infrastructure Kubernetes Engine (OKE) e qualsiasi altra risorsa che consente l'accesso SSH (Secure Shell Protocol). Con il servizio Bastion OCI, puoi abilitare l'accesso agli host privati senza distribuire e gestire un host di accesso rapido. Inoltre, ottieni un livello di sicurezza migliore con autorizzazioni basate sull'identità e una sessione SSH centralizzata, controllata e vincolata al tempo. OCI Bastion elimina la necessità di un IP pubblico per l'accesso al bastion, eliminando la seccatura e la potenziale superficie di attacco quando si fornisce l'accesso remoto.

- Host bastion

L'host bastion è un'istanza di computazione che funge da punto di accesso sicuro e controllato alla topologia dall'esterno del cloud. Il provisioning dell'host bastion viene eseguito in genere in una zona demilitarizzata (DMZ). Ti consente di proteggere le risorse sensibili inserendole in reti private a cui non è possibile accedere direttamente dall'esterno del cloud. La topologia dispone di un unico punto di accesso noto che è possibile monitorare e controllare regolarmente. Pertanto, è possibile evitare di esporre i componenti più sensibili della topologia senza comprometterne l'accesso.

- Gruppo di peering locale (LPG)

Un GPL fornisce peering tra VCN nella stessa regione. Peering significa che le reti VCN comunicano utilizzando indirizzi IP privati, senza il traffico che attraversa Internet o l'instradamento attraverso la rete on-premise.

- VPN Site-to-Site OCI

OCI Site-to-Site VPN fornisce la connettività IPSec VPN tra la rete on-premise e le VCN su OCI. La suite di protocolli IPSec crittografa il traffico IP prima che i pacchetti vengano trasferiti dall'origine alla destinazione e decifra il traffico quando arriva.

- OCI FastConnect

Oracle Cloud Infrastructure FastConnect crea una connessione dedicata e privata tra il tuo data center e OCI. FastConnect offre opzioni di larghezza di banda più elevata e un'esperienza di networking più affidabile se confrontata con le connessioni basate su internet.

Suggerimenti

I requisiti potrebbero essere diversi dall'architettura descritta qui. Utilizzare i suggerimenti riportati di seguito come punto di partenza.

- VCN

Quando crei una VCN, determina il numero di blocchi CIDR necessari e la dimensione di ciascun blocco in base al numero di risorse che prevedi di collegare alle subnet nella VCN. Utilizzare blocchi CIDR che si trovano all'interno dello spazio degli indirizzi IP privati standard.

Seleziona blocchi CIDR che non si sovrappongono a nessun'altra rete (in Oracle Cloud Infrastructure, nel tuo data center on-premise o in un altro provider cloud) a cui intendi impostare connessioni private.

Dopo aver creato una VCN, è possibile modificare, aggiungere e rimuovere i relativi blocchi CIDR.

Quando si progettano le subnet, considerare il flusso di traffico e i requisiti di sicurezza. Collegare tutte le risorse all'interno di un livello o ruolo specifico alla stessa subnet, che può fungere da limite di sicurezza.

Utilizzare le subnet regionali.

- Liste di sicurezza

Utilizza le liste di sicurezza per definire le regole di entrata e uscita che si applicano all'intera subnet.

Considerazioni

Quando si progetta una topologia di rete hub e spoke nel cloud, tenere in considerazione i fattori riportati di seguito.

- Costo

Gli unici componenti di questa architettura che hanno un costo sono le istanze di computazione e FastConnect (ore di porta e costi del provider). Agli altri componenti non sono associati costi.

- Sicurezza

Utilizzare meccanismi di sicurezza appropriati per proteggere la topologia.

La topologia distribuita utilizzando il codice Terraform fornito incorpora le seguenti caratteristiche di sicurezza:- La lista di sicurezza predefinita della VCN hub consente il traffico SSH da 0.0.0.0/0. Regolare la lista di sicurezza per consentire solo agli host e alle reti che devono disporre dell'accesso SSH (o qualsiasi altra porta di servizi necessaria) all'infrastruttura.

- Questa distribuzione posiziona tutti i componenti nello stesso compartimento.

- Le reti VCN spoke non sono accessibili da Internet.

- Scalabilità

Prendere in considerazione i limiti del servizio per le reti VCN e le subnet per la tenancy. Se sono necessarie più reti, richiedere un aumento dei limiti.

- Prestazioni

All'interno di un'area, le prestazioni non sono influenzate dal numero di VCN. Quando esegui il peer di VCN in aree diverse, considera la latenza. Quando si utilizzano raggi connessi tramite OCI Site-to-Site VPN o OCI FastConnect, il throughput della connessione è un fattore aggiuntivo.

- Disponibilità e ridondanza

Ad eccezione delle istanze, i componenti rimanenti non hanno requisiti di ridondanza.

I componenti OCI Site-to-Site VPN e OCI FastConnect sono ridondanti. Per ulteriore ridondanza, utilizzare più connessioni, preferibilmente da fornitori diversi.

Distribuire

Il codice Terraform per questa architettura di riferimento è disponibile in GitHub. Puoi inserire il codice in Oracle Cloud Infrastructure Resource Manager con un solo clic, creare lo stack e distribuirlo. In alternativa, è possibile scaricare il codice da GitHub nel computer, personalizzare il codice e distribuire l'architettura utilizzando l'interfaccia CLI Terraform.

Nota

Il codice Terraform include la maggior parte dei componenti mostrati nel diagramma dell'architettura, inclusa una VM per l'host bastion. La VM di servizio, la VM del carico di lavoro, la VPN da sito a sito OCI, l'OCI FastConnect e il bastion OCI non sono inclusi nel codice, sebbene vengano visualizzati nel diagramma.- Distribuisci utilizzando Oracle Cloud Infrastructure Resource Manager:

- Fare clic su

Se non si è già connessi, immettere la tenancy e le credenziali utente.

- Esaminare e accettare i termini e i termini.

- Selezionare l'area in cui si desidera distribuire lo stack.

- Seguire i prompt visualizzati e le istruzioni per creare lo stack.

- Dopo aver creato lo stack, fare clic su Azioni Terraform e selezionare Piano.

- Attendere il completamento del job e rivedere il piano.

Per apportare eventuali modifiche, tornare alla pagina Dettagli stack, fare clic su Modifica stack e apportare le modifiche necessarie. Eseguire quindi di nuovo l'azione Piano.

- Se non sono necessarie ulteriori modifiche, tornare alla pagina Dettagli stack, fare clic su Azioni Terraform e selezionare Applica.

- Fare clic su

- Distribuire utilizzando l'interfaccia CLI Terraform:

- Andare a GitHub.

- Duplicare o scaricare il repository nel computer locale.

- Seguire le istruzioni del documento

README.

Scopri di più

Scopri questa architettura e le architetture correlate:

- Impostare una topologia di rete hub e spoke utilizzando i gateway peering locali

- Framework ben strutturato per l'infrastruttura Oracle Cloud

- VCN e gestione subnet

- Peering VCN locale mediante Local Peering Gateway

- Instradamento del transito all'interno di una VCN hub

- Documentazione di Oracle Cloud Infrastructure

- Stima dei costi di Oracle Cloud

Log delle modifiche

In questo log sono elencate solo le modifiche significative.

| 28 agosto 2025 | Evidenzia l'uso di Oracle Cloud Infrastructure Bastion anziché bastion host. |

| 10 marzo 2022 | Aggiunta l'opzione per scaricare le versioni modificabili (.SVG e .DRAWIO) del diagramma dell'architettura. |

| 31 luglio 2021 | Cambiato il titolo per includere il tipo di gateway per aiutare a differenziare l'architettura da altre architetture hub e spoke. |

| 28 agosto 2020 | Procedura semplificata per la distribuzione dell'architettura utilizzando Oracle Cloud Infrastructure Resource Manager. |

| 2 luglio 2020 |

|

| 9 marzo 2020 | Aggiunta la sezione Distribuisci. |