Scopri di più su Oracle European Union Sovereign Cloud

- Sovranità dei dati

Tutte le strutture operative di EU Sovereign Cloud si trovano esclusivamente all'interno dei confini fisici dell'UE. Non esistono connessioni esplicite o implicite tra il realm e qualsiasi altro realm OCI, pertanto le istanze dei clienti e i data set creati all'interno di EU Sovereign Cloud rimangono nell'UE.

- Sovranità operativa

Gli operatori di Oracle EU Sovereign Cloud sono residenti nell'UE, impiegati da una persona giuridica EU Sovereign Cloud e che operano in un realm autonomo. Le operazioni EU Sovereign Cloud vengono condotte all'interno dell'UE, tenendo conto delle realtà tecniche del piano di controllo e dati OCI. Mentre gli operatori continuano a prendere direttive tecniche, tra cui le istruzioni consigliate per l'applicazione di patch e la distribuzione delle funzionalità e le tempistiche dai gruppi operativi e di ingegneria globali OCI, la decisione finale da implementare è determinata dal team operativo dell'area EU Sovereign Cloud.

- Operazioni isolate

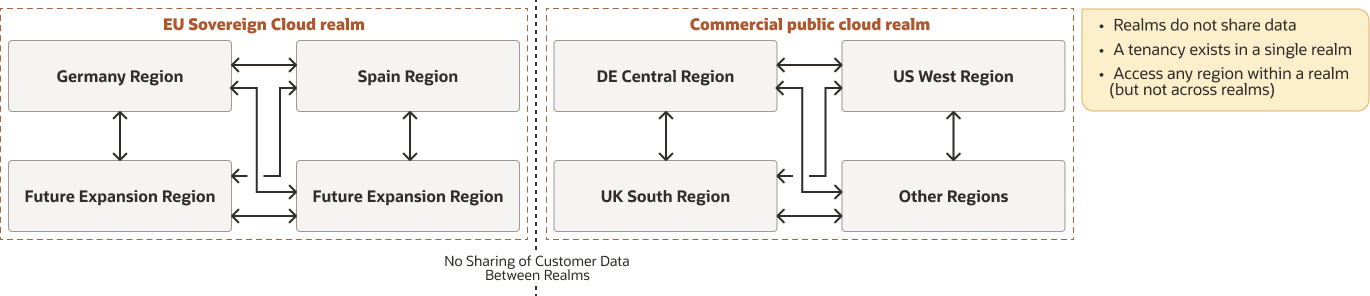

Le region OCI sono raggruppate in realm. Sebbene ogni realm mantenga un set comune di prassi operative e tutte le funzioni contenute nel realm OCI commerciale di base o in un subset, il realm stesso rappresenta un limite operativo e di dati per qualsiasi dato all'interno del realm. La combinazione di isolamento operativo e dei dati consente la completa separazione del cloud sovrano UE da altri realm OCI e solo i dati essenziali per gli aspetti finanziari e lo stato del realm vengono inviati all'ambiente operativo globale OCI.

Questa soluzione Playbook fornisce linee guida sulle architetture concettuali e sugli usi del cloud sovrano dell'UE. Mentre alcuni dettagli riguardanti sia le capacità complessive che gli aspetti operativi di EU Sovereign Cloud saranno trattati per definire il contesto delle architetture, questo documento non è un elenco esaustivo dei processi e delle procedure operative dettagliati.

Informazioni sul modello operativo

L'architettura del servizio EU Sovereign Cloud è progettata in modo che le persone giuridiche di Oracle EU Sovereign Cloud possano operare in modo indipendente senza dover trasferire i dati del cliente al di fuori dell'UE. Le persone giuridiche di EU Sovereign Cloud sono registrate nei paesi membri dell'UE che possiedono gli asset del realm e impiegano il personale Oracle che ha accesso fisico o logico al realm.

- residenti dell'UE con diritto di lavorare in uno Stato membro dell'UE.

- Situata fisicamente in uno stato membro dell'UE durante la manutenzione dell'ambiente cloud sovrano dell'UE.

- Impiegato da una persona giuridica Oracle EU Sovereign Cloud.

OCI garantisce che gli strumenti DevOps, la configurazione della distribuzione dei servizi e i sistemi di autorizzazioni consentano al personale EU Sovereign Cloud di gestire le region in conformità alle normative locali sulla protezione dei dati e senza interferenze da parte di entità non UE.

EU Sovereign Cloud offre una Customer Experience simile alle region cloud pubbliche commerciali OCI, inclusi servizi disponibili, prezzi e SLA. Le funzionalità e le patch OCI vengono implementate nel cloud sovrano dell'UE in linea con le pratiche consolidate di gestione delle modifiche OCI.

Gli operatori Oracle lavorano da centri di eccellenza con sede nell'UE (CoE) collegati alle sedi regionali effettive. Le operazioni sono separate dalle posizioni dei domini di disponibilità nella regione e hanno collegamenti isolati al fine di dimostrare una prevenzione verificabile dell'accesso da fuori dell'UE. Gli operatori lavorano in loco o da punti di accesso VPN verificabili che terminano nel CoE.

Il comitato di governance dell'Unione europea, appositamente formato, è responsabile del monitoraggio e della garanzia dell'integrità delle pratiche e degli impegni di EU Sovereign Cloud per proteggere i dati dei clienti.

Confronta cloud pubblici e dedicati

| Cloud pubblico

Cloud pubblico commerciale |

Cloud pubblico

Cloud sovrano dell'UE |

Cloud dedicato

Dedicated Region |

Cloud dedicato

Regione isolata |

Cloud dedicato

Lega |

|

|---|---|---|---|---|---|

| Descrizione | Pubblicamente disponibile in decine di paesi in tutto il mondo | Progettato e gestito e situato nell'Unione europea | Il cloud completo nel tuo data center con l'economia del cloud pubblico | Progettato per funzionare in modalità disconnessa per carichi di lavoro mission critical | Consente ai partner di diventare fornitori di servizi cloud ed espandere la propria attività |

| Posizione data center | 36 cloud region in 23 paesi | Due cloud region nell'UE | Definito dal cliente | Definito dal cliente | Definito dal cliente |

| Operazioni e supporto | Globale Oracle | Oracle UE | Globale Oracle | Definito dal cliente | Definito dal cliente |

| Isolamento del cloud (Realm) | Realm globale | Realm UE | Realm dedicato | Reame dedicato air-gapped | Realm dedicato |

| Multi-tenancy | Sì | Sì | N. | N. | Sì |

Per informazioni sull'area corrente, visita le aree cloud pubbliche.

Termini e risorse

I termini e le risorse relativi all'implementazione di EU Sovereign Cloud sono definiti di seguito.

Gestione delle risorse e delle identità

| Termine | Significato/Scopo |

|---|---|

| Cloud sovrano dell'UE | Cloud sovrano per l'Unione europea di Oracle |

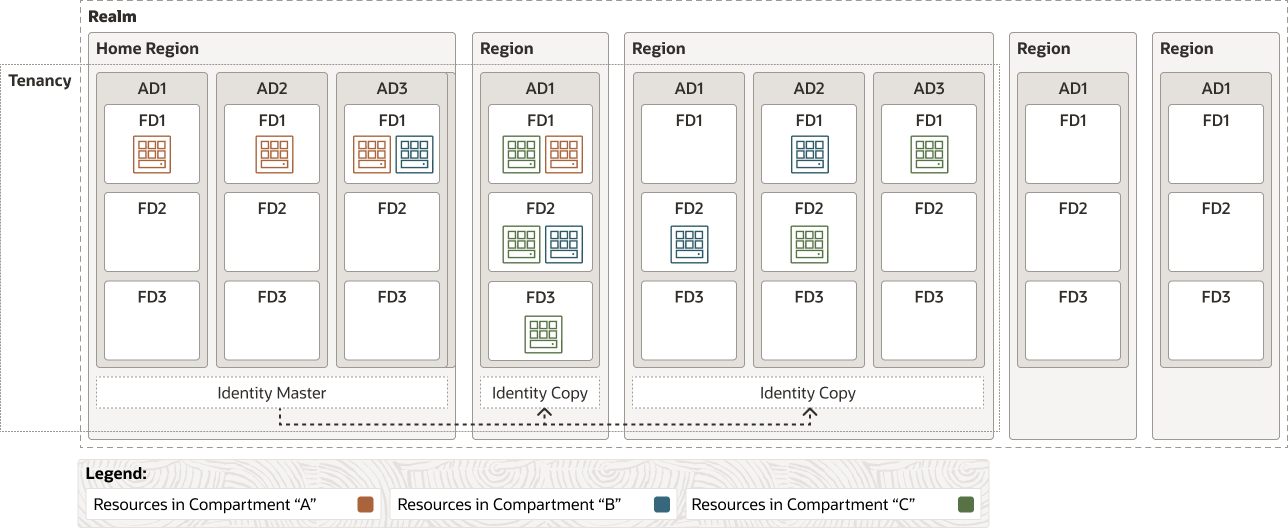

| Realm | Una raccolta di region OCI correlate gestite sotto un unico ombrello. I realm non sono visibili ai clienti né sono gestiti dai clienti e vengono utilizzati rigorosamente da OCI per scopi operativi e di gestione. I realm sono isolati gli uni dagli altri tramite processi tecnici e operativi. Una tenancy esiste in un singolo realm e può accedere alle aree all'interno di tale realm, ma non può accedere alle aree esterne a tale realm. |

| Area | Gruppo di domini di disponibilità correlati all'interno di una piccola area geografica con bassa latenza di rete e gestiti come una singola entità all'interno di OCI. Un'area è il costrutto di risorse di ordine più elevato disponibile per i clienti. |

| tenancy | Limite dei singoli clienti per le risorse. Una tenancy è sia un limite di autorizzazioni che di consumo; la tenancy di un cliente contiene tutte le risorse di cui il cliente ha eseguito il provisioning e viene fatturata in tutte le aree all'interno del realm in cui esiste la tenancy. I clienti possono avere più di una tenancy all'interno dello stesso realm o più tenancy in realm diversi. |

| Compartimento | Raggruppamento logico di risorse all'interno di una tenancy. I compartimenti vengono utilizzati per controllare sia l'accesso alla distribuzione delle risorse che determinati tipi di accesso tra le risorse di cui è stato eseguito il provisioning, sia all'interno che tra i compartimenti. Tutte le risorse di cui è stato eseguito il provisioning appartengono a un compartimento. Il compartimento radice (livello superiore) è la tenancy stessa. |

| Termine | Significato/Scopo |

|---|---|

| Dominio di disponibilità (AD) | Uno o più data center situati all'interno di un'area. I domini di disponibilità sono composti da una o più singole posizioni fisiche situate all'interno di un limite di latenza di rete specificato, con tutte le risorse all'interno del limite gestite come una singola entità. |

| Dominio di errore (FD) | Un dominio di errore consiste in un gruppo di hardware o infrastruttura all'interno di un dominio di disponibilità. I domini di errore consentono di avere la diversità dei rack per le istanze all'interno di un dominio di disponibilità. |

| Istanza | Distribuzione di una risorsa da utilizzare, ad esempio una risorsa di computazione, all'interno di un ambiente. |

Il diagramma riportato di seguito illustra i termini di raggruppamento delle risorse nel lessico:

Sovranità dei dati dell'UE

- Tutti i dati dei clienti ospitati vengono gestiti all'interno delle aree dati negli Stati membri dell'UE e isolati dall'architettura dei realm di Oracle senza connessione diretta ad altre risorse Oracle al di fuori dell'UE. Ad eccezione di quanto stabilito nei termini aggiuntivi del cloud sovrano dell'UE, i dati in hosting vengono memorizzati nelle region del cloud sovrano dell'UE e non esiste una posizione di storage dei dati esterna che mantenga i dati intermedi o inseriti nella cache prima dell'atterraggio all'interno dell'area.

- I percorsi di rete virtuale interni rimangono entro i confini fisici di ogni area e non attraversano alcun percorso pubblico o privato che potrebbe causare l'uscita dei dati ospitati dal realm. Le connessioni tra le posizioni fisiche (domini di disponibilità) e i punti di presenza (PoP) vengono connesse e cifrate direttamente.

- Nessun percorso dati automatico o prontamente stabilito connette le region di EU Sovereign Cloud. Tutti i dati che fluiscono tra le region di dati EU Sovereign Cloud sono completamente cifrati e fluiscono su una connessione dedicata tra le region.

- Le chiavi di cifratura sia per la trasmissione dei dati che per la memorizzazione dei dati sono locali per il realm. Le chiavi utilizzate per la crittografia dei dati sono mantenute completamente entro i confini dell'UE e sono controllate esclusivamente dai dipendenti di una persona giuridica EU Sovereign Cloud.

EU Sovereign Cloud fornisce una piattaforma su cui creare applicazioni, ma i clienti e i loro utenti sono responsabili di garantire che, una volta installati completamente all'interno di EU Sovereign Cloud, rimanga inaccessibile tramite l'accesso alle applicazioni o alla rete a livello di tenancy. Fare riferimento a "Modello di accesso" in altre parti di questa guida per le strategie che consentono di evitare l'esfiltrazione dei dati a livello di applicazione e rete del tenant.