Eseguire la migrazione a Oracle Exadata Database Service on Dedicated Infrastructure

Questa sezione descrive come eseguire la migrazione dei carichi di lavoro Oracle Exadata a Oracle Exadata Database Service on Dedicated Infrastructure ed eseguire la migrazione delle applicazioni VMware in Oracle Cloud VMware Solution.

Architettura

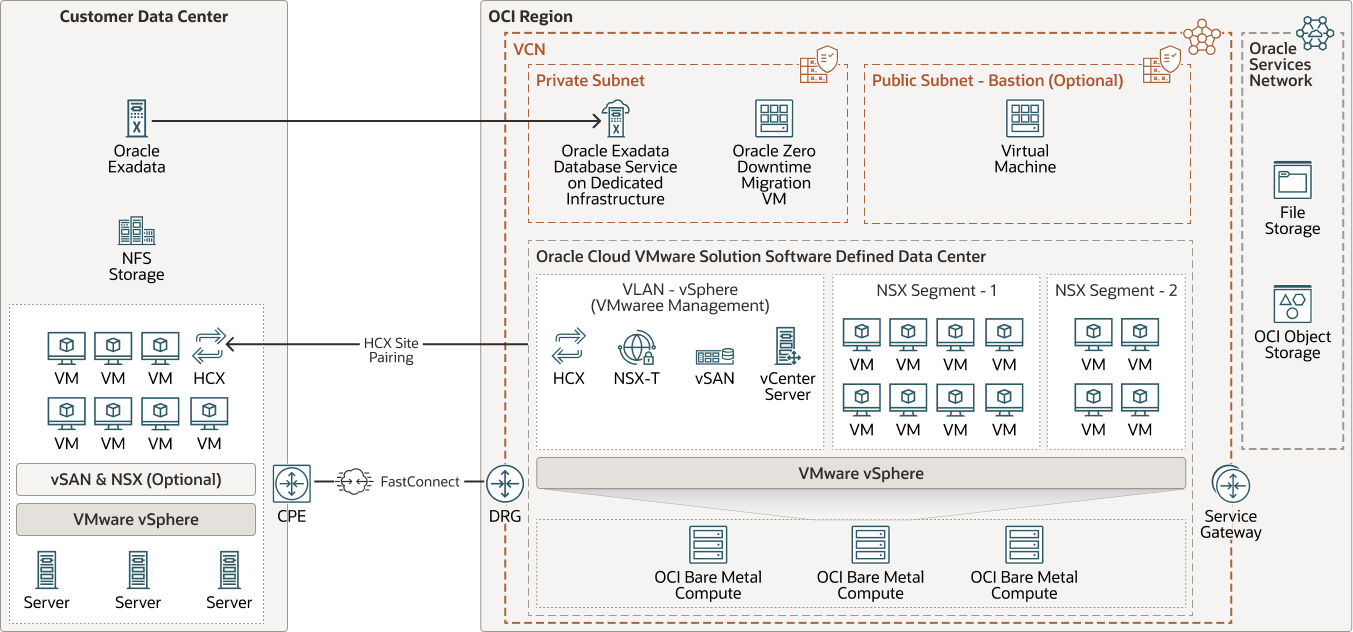

Questa architettura mostra una migrazione da database Oracle Exadata on premise e applicazioni VMware a Oracle Exadata Database Service on Dedicated Infrastructure e Oracle Cloud VMware Solution.

Utilizzando Oracle Zero Downtime Migration, automatizzare la migrazione del database e, al contempo, usufruire di un tempo di inattività minimo durante la migrazione dei dati da ambienti on premise al cloud.

Esegui la migrazione delle tue applicazioni on premise in esecuzione su VMware in Oracle Cloud VMware Solution utilizzando gli strumenti VMware come HCX e vMotion. Oracle Cloud VMware Solution ti offre un'implementazione completamente automatica di un data center (SDDC) definito dal software VMware all'interno della tua tenancy OCI, in esecuzione sulle istanze Bare Metal OCI.

Il diagramma riportato di seguito illustra questa architettura di riferimento.

migra-vmware-cloud-solution-exadata-dedicated-architecture.zip

Questa architettura supporta i componenti elencati di seguito.

- Area

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata che contiene uno o più data center, definiti domini di disponibilità. Le regioni sono indipendenti da altre regioni e grandi distanze possono separarle (in tutti i paesi o anche in continenti).

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile e definita dal software configurata in un'area Oracle Cloud Infrastructure. Analogamente alle reti di data center tradizionali, i VCN offrono il controllo completo sull'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che puoi modificare dopo aver creato la VCN. Puoi segmentare una VCN nelle subnet che possono essere definite nell'area o in un dominio di disponibilità. Ogni subnet è composta da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet nella VCN. Puoi modificare le dimensioni di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Oracle Exadata Database Service on Dedicated Infrastructure

Oracle Exadata Database Service on Dedicated Infrastructure offre Oracle Exadata Database Machine come servizio in un data center OCI. Il servizio Oracle Exadata Database Service on Dedicated Infrastructure può ospitare molti database Oracle in esecuzione in uno o più cluster VM che vengono eseguiti su un singolo rack Exadata in un'area OCI. Oracle Exadata Database Service on Dedicated Infrastructure è una piattaforma ideale per il consolidamento dei database.

- Oracle Cloud VMware Solution - Software-Defined Data Center (SDDC)

Oracle e VMware hanno collaborato per sviluppare un'implementazione Software-Defined Data Center (SDDC) certificata VMware da utilizzare in Oracle Cloud Infrastructure. Questa implementazione, denominata Oracle Cloud VMware Solution, utilizza Oracle Cloud Infrastructure per ospitare un SDDC VMware ad alta disponibilità. Consente inoltre la migrazione trasparente di tutti i carichi di lavoro dell'SDDC VMware on premise in Oracle Cloud VMware Solution. Oracle Cloud VMware Solution contiene i seguenti componenti VMware:

- VMware vSphere ESXi

- VMware vSAN

- VMware vCenter

- VMware NSX-T

- VMware HCX (opzionale)

- Bare Metal

Un centro dati definito da software (SDDC) Oracle Cloud VMware Solution contiene i server Bare Metal che ospita Oracle Cloud VMware Solution. Il server Bare Metal supporta applicazioni che richiedono conteggi di memorie centrali elevati, grandi quantità di memoria ed elevata larghezza di banda (ad esempio Oracle Cloud VMware Solution). Puoi distribuire Oracle Cloud VMware Solution sui server Bare Metal e configurare le virtual machine con notevoli miglioramenti a livello di prestazioni rispetto ad altri cloud pubblici e data center on premise.

- Gateway del servizio

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, come Oracle Cloud Infrastructure Object Storage. Il traffico dalla VCN al servizio Oracle viaggia sulla struttura di rete Oracle e non attraversa mai Internet.

- Gateway di instradamento dinamico (DRG)

DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra VCN nella stessa area, tra una VCN e una rete esterna all'area, come una VCN in un'altra area Oracle Cloud Infrastructure, una rete in locale o una rete in un altro provider cloud.

- FastConnect

Oracle Cloud Infrastructure FastConnect consente di creare facilmente una connessione dedicata e privata tra il data center e Oracle Cloud Infrastructure. FastConnect fornisce opzioni a maggiore larghezza di banda e un'esperienza di rete più affidabile se confrontata con le connessioni basate su Internet.

- Storage file

Lo storage file OCI viene utilizzato durante la migrazione logica per importare il database migrato da un file system condiviso.

- Storage degli oggetti

Lo storage degli oggetti OCI viene utilizzato per la migrazione logica e fisica per lo storage temporaneo durante la migrazione.

Operazioni preliminari

Prima di iniziare, controllare le versioni dei principali componenti utilizzati in questa impostazione e consultare la documentazione del prodotto per riferimento futuro.

Requisiti per la revisione

- Assicurarsi che nel database di origine sia in esecuzione Oracle Database versione 19.18 Enterprise Edition o successiva.

- Il database di destinazione deve essere Oracle Exadata Database Service on Dedicated Infrastructure X8 o successivo su Oracle Database versione 19.18 Enterprise Edition o successiva.

- La versione di Oracle Zero Downtime Migration deve essere la versione 21.4 o successiva.

- Lo storage intermedio deve includere OCI Object Storage, Oracle ZFS Storage Appliance (NAS) e OCI File Storage.

Revisione documentazione

Questo playbook sulle soluzioni descrive come migrare i carichi di lavoro del database. Per ulteriori informazioni sulla migrazione dei carichi di lavoro VMware, fare riferimento alla soluzione riportata di seguito. Le risorse aggiuntive sono utili per il contesto, i dettagli e il riferimento per la migrazione del database.

Scopri come migrare i componenti VMware del tuo carico di lavoro su Oracle Cloud VMware Solution.

Esaminare le risorse di Oracle Zero Downtime Migration:

- Oracle Zero Downtime Migration

- Video su Oracle Zero Downtime Migration

- Installa il software Oracle Zero Downtime Migration

Rivedere le risorse di migrazione fisica:

- Guida passo dopo passo alla migrazione fisica di Oracle Zero Downtime

- "Parametri di migrazione fisica senza downtime" in Move to Oracle Cloud Using Zero Downtime Migration Guide

Rivedere le risorse di migrazione logica:

- Guida passo dopo passo: migrazione logica online e aggiornamento in tempo reale da on premise a Oracle Exadata Database Service on Dedicated Infrastructure

- "Setting Logical Migration Parameters" in Move to Oracle Cloud Using Zero Downtime Migration Guide

Esaminare le risorse di Oracle Database:

Informazioni sui prodotti e i ruoli richiesti

Questa soluzione richiede i seguenti prodotti:

- Oracle Cloud Infrastructure Identity and Access Management

- Computazione OCI

- OCI Object Storage

- Storage di file OCI

- Oracle Zero Downtime Migration

- Oracle Exadata

- Oracle Exadata Database Service on Dedicated Infrastructure

Questi sono i ruoli necessari per ogni prodotto.

| Nome prodotto: Ruolo | Richiesto per... |

|---|---|

Oracle Cloud Infrastructure Identity and Access Management: OCI_user |

|

Computazione OCI: admin |

Creare un'istanza di OCI Compute per eseguire il software Oracle Zero Downtime Migration |

Storage degli oggetti OCI: Storage Admin |

Crea bucket di Storage degli oggetti OCI per la migrazione logica e fisica |

Storage di file OCI: Storage Admin |

Creare Storage di file OCI per la migrazione logica |

Oracle Zero Downtime Migration: opc |

Creare zdmuser per installare ed eseguire il software Oracle Zero Downtime Migration

|

Oracle Zero Downtime Migration: zdmuser |

|

Oracle Exadata: root/sudoer user |

|

Database Oracle Exadata: sys/system |

|

Oracle Exadata Database Service on Dedicated Infrastructure: Database Admin |

Crea database di destinazione Oracle Exadata Database Service on Dedicated Infrastructure |

Oracle Exadata Database Service on Dedicated Infrastructure Nodi cluster VM: opc |

|

Oracle Exadata Database Service on Dedicated Infrastructure Database: sys/system |

|

Scopri i prodotti, le soluzioni e i servizi Oracle per ottenere ciò di cui hai bisogno.

Informazioni sulla migrazione logica e fisica

Oracle Zero Downtime Migration supporta due tipi di migrazione del database da Oracle Exadata a Oracle Exadata Database Service on Dedicated Infrastructure: migrazione logica e migrazione fisica.

La migrazione logica utilizza una combinazione di Oracle Data Pump e Oracle GoldenGate, mentre la migrazione fisica utilizza una combinazione di Oracle Recovery Manager (RMAN) e Oracle Data Guard. Nella seguente tabella vengono descritti gli scenari in cui è necessario utilizzare una migrazione logica o fisica.

| Migrazione logica | Migrazione fisica |

|---|---|

| Consigliato quando viene eseguita la migrazione di alcuni database collegabili e/o schemi. | Consigliato quando viene eseguita la migrazione di database completi. Ad esempio, i database container con tutti i database collegabili, vale a dire migrazione diretta senza modifica del codice. |

| È possibile eseguire la migrazione di database collegabili (PDB) e/o schemi selettivi. | I container database verranno migrati in container database e i database non di tipo container verranno migrati in database non di tipo container. |

La password Sys nell'origine e nella destinazione può essere diversa. I nomi di database tra l'origine e la destinazione possono essere diversi.

|

La password Sys e il nome del database sia nell'origine che nella destinazione devono essere identici. DB_UNIQUE_NAME sull'origine e sulla destinazione deve essere diverso.

|

| È possibile aggiornare i database durante la migrazione. | Impossibile aggiornare i database come parte della migrazione. |

Migrazione mediante migrazione logica

In questa sezione viene descritto come eseguire una migrazione logica offline. Per la migrazione in linea, fare riferimento alla sezione Revisiona documentazione.

Prima di eseguire la migrazione, tenere presente quanto riportato di seguito.

- Non è necessario cifrare il database di origine in Oracle Exadata. Oracle Zero Downtime Migration cifra il database di destinazione durante la migrazione.

- I database di origine e di destinazione non devono disporre della stessa password

sys, della stessa password del wallet, della stessa versione del database, del nome del database e del medesimo livello di patch. - Oracle Zero Downtime Migration consente di eseguire la migrazione di determinati database collegabili (PDB) e/o schemi ai database collegabili in Oracle Exadata Database Service on Dedicated Infrastructure.

- Per le migrazioni logiche è necessario un file system condiviso. Durante la migrazione logica, Oracle Zero Downtime Migration non esporta i dati direttamente in OCI Object Storage. Nel database Exadata di origine, Oracle Zero Downtime Migration esporta i dati in un file system condiviso (file system di rete o Oracle Advanced Cluster File System). I dati esportati vengono quindi caricati nello storage degli oggetti OCI. Oracle Zero Downtime Migration, quindi sposta i dump dei dati da OCI Object Storage a OCI File Storage. Infine, Oracle Exadata Database Service on Dedicated Infrastructure può importare i dati da OCI File Storage tramite un file system di rete.

- Oracle Exadata on premise può eseguire sia database a istanza singola che database RAC. Oracle Exadata Database Service on Dedicated Infrastructure esegue i database RAC. Durante la migrazione del database, Oracle Zero Downtime Migration converte i database RAC a istanza singola quando necessario.

- In Oracle Exadata on premise, l'uso di Oracle Transparent Data Encryption per la cifratura dei database è facoltativo. Quando si esegue la migrazione dei database da Exadata a Oracle Exadata Database Service on Dedicated Infrastructure, il database di destinazione Oracle Exadata Database Service on Dedicated Infrastructure verrà sempre cifrato.

- I passi riportati di seguito presuppongono che vi sia una connettività di rete diretta tra il data center in cui è installato Oracle Exadata e la rete cloud virtuale OCI in cui è configurata la virtual machine Oracle Exadata Database Service on Dedicated Infrastructure e Oracle Zero Downtime Migration (tramite FastConnect o IPSec VPN, come mostrato nel diagramma dell'architettura).

Nella procedura riportata di seguito viene descritto come eseguire una migrazione logica non in linea.

Migrazione mediante migrazione fisica

In questa sezione viene descritto come eseguire una migrazione fisica offline. Per la migrazione in linea, fare riferimento alla sezione Revisiona documentazione.

Prima di eseguire la migrazione fisica, tenere presente quanto riportato di seguito.

- In Oracle Database 19.16 è disponibile un nuovo parametro per la gestione della cifratura delle tablespace. Questo parametro può causare conflitti per le migrazioni fisiche. Per ulteriori informazioni, vedere Gestione della cifratura della tablespace nella sezione Rivedi documentazione.

- Oracle Exadata on premise può eseguire sia database a istanza singola che database RAC. Oracle Exadata Database Service on Dedicated Infrastructure esegue i database RAC. Durante la migrazione del database, Oracle Zero Downtime Migration converte i database RAC a istanza singola quando necessario.

- È necessario definire un wallet TDE (Transparent Data Encryption) nel database di origine prima della migrazione, anche se il database di origine non è cifrato.

- In Oracle Exadata on premise, l'uso di Oracle Transparent Data Encryption per la cifratura dei database è facoltativo. Quando si esegue la migrazione dei database da Exadata a Oracle Exadata Database Service on Dedicated Infrastructure, il database di destinazione Oracle Exadata Database Service on Dedicated Infrastructure verrà sempre cifrato.

- I passi riportati di seguito presuppongono che vi sia una connettività di rete diretta tra il data center in cui è installato Exadata e la rete cloud virtuale OCI in cui è configurata la virtual machine Oracle Exadata Database Service on Dedicated Infrastructure e Oracle Zero Downtime Migration (tramite FastConnect o IPSec VPN, come mostrato nel diagramma dell'architettura).

- Non è necessario cifrare il database di origine in Oracle Exadata. Oracle Zero Downtime Migration cifra il database di destinazione durante la migrazione.

- La password

sys, la password del wallet, la versione del database e il livello di patch nei database di origine e di destinazione devono essere uguali. - Oracle Zero Downtime Migration eseguirà la migrazione del container database (CDB) in CDB e non CDB in un CDB non.

- Oracle Zero Downtime Migration utilizza Oracle Database Backup Cloud Service per eseguire il backup del database Exadata di origine nello storage degli oggetti OCI. Oracle Zero Downtime Migration, quindi ripristina il database di destinazione da questo backup.

Nella procedura riportata di seguito viene descritto come eseguire una migrazione fisica offline.

Abilita modalità log di archiviazione

La modalità del log di archivio deve essere abilitata nel database di origine per le migrazioni fisiche di Oracle Zero Downtime Migration. In questi passi viene descritto come configurare la modalità Archivelog nel database di origine.

Configurare un keystore TDE (Transparent Data Encryption)

Le migrazioni fisiche di Oracle Zero Downtime Migration richiedono un keystore/wallet di cifratura TDE auto_login (anche se il database di origine non è cifrato). Questo keystore deve essere configurato con la stessa password del keystore del database di destinazione. In questi passi viene descritto come configurare un keystore nel database di origine.