Informazioni sulla migrazione da IBM Db2 a Oracle Autonomous Database

Converti un database IBM Db2 (LUW) in Oracle Autonomous Data Warehouse in Oracle Cloud Infrastructure per sfruttare le funzionalità ampliate offerte con Oracle PL/SQL e un database autonomo. Un database autonomo scala in modo elastico e offre prestazioni rapide per le query senza amministrazione del database con carichi di lavoro elevati.

Operazioni preliminari

Architettura

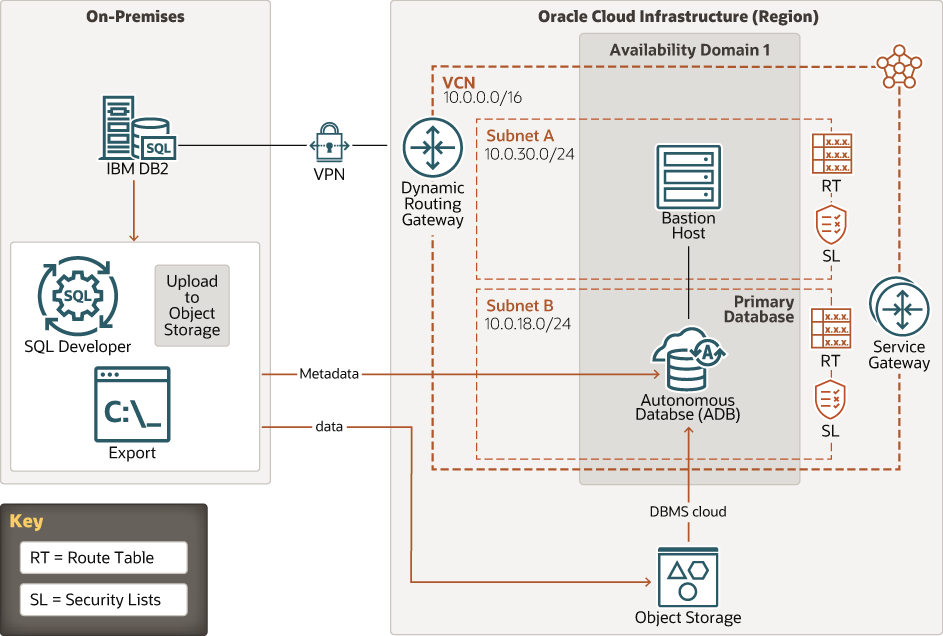

Questa architettura mostra come migrare dati e metadati da un database IBM Db2 on premise a un Oracle Autonomous Data Warehouse.

Il diagramma riportato di seguito illustra questa architettura di riferimento.

Descrizione dell'illustrazione ibmdb-object-storage-and-adb.png

ibmdb-object-storage-and-adb-oracle.zip

Il data center on premise mostrato in questa architettura contiene i seguenti componenti:

- CPE ( Customer-premise Equipment)

CPE è l'endpoint on premise per la connessione VPN o l'interconnessione Oracle Cloud Infrastructure FastConnect tra il data center on premise e la rete cloud virtuale (VCN) in Oracle Cloud Infrastructure.

- Database IBM Db2

Il database IBM Db2 (noto anche come Db2 per Linux, UNIX e Windows o Db2 database LUW) versione 11.5.5 è un RDBMS di terze parti utilizzato per creare applicazioni di data warehousing su larga scala. Un RDBMS di terze parti utilizzato per creare applicazioni di data warehousing su larga scala.

- Oracle SQL Developer

Oracle SQL Developer è un ambiente di sviluppo che semplifica lo sviluppo e la gestione di Oracle Database. Offre uno sviluppo end-to-end completo delle applicazioni PL/SQL, un foglio di lavoro per l'esecuzione di query e script, una console DBA per la gestione del database, un'interfaccia di report, una soluzione di modellazione dei dati completa, Oracle REST Data Services integrato e una piattaforma di migrazione per lo spostamento dei database di terze parti in Oracle, ad esempio IBM Db2 in Oracle.

Oracle SQL Developer è certificato per l'esecuzione in tutti i database Oracle supportati.

- SQL Loader

SQL*Loader carica i dati dai file esterni nelle tabelle di un Oracle Database. SQL*Loader utilizza le specifiche di campo nel file di controllo per interpretare il formato del file di dati, analizzare i dati di input e popolare gli array di associazione che corrispondono a un'istruzione SQL INSERT utilizzando tali dati. Oracle Database accetta i dati ed esegue l'istruzione INSERT per memorizzare i dati nel database.

- Esporta utility

La utility del programma di esportazione copia in blocco i dati tra un'istanza del database IBM Db2 e un file di dati in un formato specificato dall'utente. L'utility di esportazione può essere utilizzata per esportare i dati fuori dalle tabelle in file di dati.

Il lato Oracle Cloud Infrastructure dell'architettura comprende i seguenti componenti:

- Area

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata contenente uno o più data center, denominati domini di disponibilità. Le regioni sono indipendenti da altre regioni e le grandi distanze possono separarle (tra paesi o addirittura continenti).

- Compartimento

I compartimenti sono partizioni logiche tra più aree all'interno di una tenancy Oracle Cloud Infrastructure. Utilizzare i compartimenti per organizzare le risorse in Oracle Cloud, controllare l'accesso alle risorse e impostare le quote di utilizzo. Per controllare l'accesso alle risorse in un determinato compartimento, puoi definire criteri che specificano gli utenti che possono accedere alle risorse e le azioni che possono eseguire.

- Cloud Guard

È possibile utilizzare Oracle Cloud Guard per monitorare e gestire la sicurezza delle risorse in Oracle Cloud Infrastructure. Cloud Guard utilizza le ricette del settore che è possibile definire per esaminare le risorse per i punti deboli della sicurezza e per monitorare operatori e utenti per le attività a rischio. Quando viene rilevata una configurazione errata o un'attività non sicura, Cloud Guard consiglia azioni correttive e supporta l'esecuzione di tali azioni in base alle ricette dei rispondenti che è possibile definire.

- Dominio di disponibilità

I domini di disponibilità sono data center indipendenti e standalone all'interno di un'area geografica. Le risorse fisiche presenti in ciascun dominio di disponibilità sono isolate dalle risorse presenti negli altri domini di disponibilità, il che garantisce la tolleranza agli errori. I domini di disponibilità non condividono l'infrastruttura, ad esempio l'alimentazione o il raffreddamento, né la rete interna del dominio di disponibilità. Pertanto, è improbabile che un errore di un dominio di disponibilità influisca sugli altri domini di disponibilità nell'area.

- Dominio di errore

Un dominio di errore è un raggruppamento di hardware e infrastruttura all'interno di un dominio di disponibilità. Ogni dominio di disponibilità dispone di tre domini di errore con alimentazione e hardware indipendenti. Quando distribuisci le risorse su più domini di errore, le applicazioni possono tollerare errori del server fisico, manutenzione del sistema e errori di alimentazione all'interno di un dominio di errore.

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile e definita dal software impostata dall'utente in un'area Oracle Cloud Infrastructure. Come le reti di data center tradizionali, le VCN offrono il controllo completo sull'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo aver creato la VCN. È possibile segmentare una VCN in subnet, che può essere definita in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono con le altre subnet nella VCN. Puoi modificare la dimensione di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

Ogni istanza di computazione viene distribuita in una VCN che può essere segmentata in subnet.

- Connessione VPN

VPN Connect offre una connettività VPN IPSec site-to-site tra la tua rete on premise e i VCN in Oracle Cloud Infrastructure. La suite di protocolli IPSec cifra il traffico IP prima che i pacchetti vengano trasferiti dall'origine alla destinazione e decifra il traffico all'arrivo.

- Gateway di instradamento dinamico (DRG)

Il gateway DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra una VCN e una rete esterna all'area geografica, ad esempio una VCN in un'altra area Oracle Cloud Infrastructure, una rete on premise o una rete in un altro provider cloud.

- Gateway del servizio

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, ad esempio Oracle Cloud Infrastructure Object Storage. Il traffico dalla rete VCN al servizio Oracle si sposta attraverso il fabric di rete Oracle e non pubblica mai Internet.

- Tabella di instradamento

Le tabelle di instradamento virtuale contengono regole per instradare il traffico dalle subnet alle destinazioni esterne a una VCN, in genere tramite i gateway.

- Lista di sicurezza

Per ogni subnet, puoi creare regole di sicurezza che specificano l'origine, la destinazione e il tipo di traffico che devono essere consentiti all'interno e all'esterno della subnet.

- Host Bastion o servizio Bastion

Questa architettura utilizza un bastion host. Tuttavia, è possibile utilizzare un host bastion o il servizio bastion Oracle Cloud Infrastructure:

- Host bastion

L'host bastion è un'istanza di computazione che funge da punto di accesso sicuro e controllato alla topologia dall'esterno del cloud. Il provisioning dell'host bastion viene eseguito in genere in una zona demilitarizzata (DMZ). Consente di proteggere le risorse sensibili collocandole in reti private a cui non è possibile accedere direttamente dall'esterno del cloud. La topologia ha un singolo punto di accesso conosciuto che è possibile monitorare e controllare regolarmente. Pertanto, è possibile evitare di esporre i componenti più sensibili della topologia senza compromettere l'accesso ad essi.

- Servizio bastion

Oracle Cloud Infrastructure Bastion offre un accesso sicuro limitato nel tempo e a risorse che non dispongono di endpoint pubblici e che richiedono controlli rigorosi per l'accesso alle risorse, ad esempio Bare Metal e virtual machine, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) e qualsiasi altra risorsa che consenta l'accesso SSH (Secure Shell Protocol). Con il servizio Bastion Oracle Cloud Infrastructure, puoi abilitare l'accesso agli host privati senza distribuire e gestire un host jump. Inoltre, puoi ottenere livelli di sicurezza migliori con autorizzazioni basate sull'identità e una sessione SSH centralizzata, controllata e limitata dal tempo. Il bastion di Oracle Cloud Infrastructure rimuove la necessità di un IP pubblico per l'accesso bastion, eliminando la superficie di attacco potenzialmente e velando per l'accesso remoto.

- Host bastion

- Autonomous Database

I database autonomi Oracle Cloud Infrastructure sono ambienti di database completamente gestiti e preconfigurati che è possibile utilizzare per carichi di lavoro di elaborazione delle transazioni e di data warehousing. Non è necessario configurare né gestire alcun hardware o installare software. Oracle Cloud Infrastructure gestisce la creazione del database e il backup, l'applicazione di patch, l'aggiornamento e il tuning del database.

- Storage degli oggetti

Lo storage degli oggetti consente un accesso rapido a grandi quantità di dati strutturati e non strutturati di qualsiasi tipo di contenuto, inclusi backup del database, dati analitici e contenuti avanzati quali immagini e video. Puoi memorizzare e quindi recuperare i dati direttamente da Internet o dall'interno della piattaforma cloud. È possibile scalare perfettamente lo storage senza compromettere le prestazioni o l'affidabilità dei servizi. Utilizzare lo storage standard per lo storage "hot" necessario per accedere rapidamente, immediatamente e di frequente. Utilizzare lo storage di archivio per lo storage "freddo" che si conserva per lunghi periodi di tempo e raramente o raramente si accede.

Informazioni sui servizi e i ruoli necessari

Questa soluzione richiede i servizi e i ruoli riportati di seguito.

-

Oracle Autonomous Data Warehouse

- Oracle Cloud Infrastructure Object Storage

-

Oracle SQL Developer (Oracle SQL Developer Web e SQL*Developer)

Si tratta dei ruoli necessari per ogni servizio.

| Nome servizio: ruolo | Obbligatorio per... |

|---|---|

| Oracle Autonomous Data Warehouse: amministrazione | Creare le credenziali. |

| Oracle Cloud Infrastructure Object Storage: amministrazione | Memorizzare i dati per la migrazione a Autonomous Data Warehouse. |

| Oracle SQL Developer: Amministrazione | Eseguire la migrazione dei dati. |

See Learn how to get Oracle Cloud services for Oracle Solutions to get the cloud services you need.

See Use Bastion service to access resources in a private subnet to use a bastion service instead of a bastion host.