Distribuisci un portale di vendita Internet con una zona di destinazione di Oracle Cloud Infrastructure

Per aiutare gli enti pubblici federali, statali e locali a configurare e proteggere i propri carichi di lavoro nel cloud, Mythics ha implementato una landing zone sicura su Oracle Cloud Infrastructure (OCI) che soddisfa i benchmark CIS (Center for Internet Security).

Utilizzando OCI Landing Zone, Mythics può personalizzare, configurare e proteggere rapidamente qualsiasi ambiente entro poche ore dalla creazione dell'istanza.

Nella propria tenancy OCI, Mythics ha implementato un portale di vendita Internet che supporta i gruppi marketing, vendite, contratti, legali, contabili e operativi. Grazie a form e procedure guidate APEX e a un data warehouse integrato con Oracle NetSuite, Mythics è ora in grado di tracciare e instradare le approvazioni interne di ciascuno di questi reparti, generando centinaia di migliaia di transazioni di vendita e transazioni di approvazione del flusso di lavoro via e-mail ogni mese.

Distribuendo il suo portale di vendita Internet utilizzando OCI Landing Zone, Mythics ha:

- Maggiore performance e disponibilità: Mythics ora è in grado di elaborare rapidamente le transazioni utilizzando più memorie centrali di calcolo e anche di mantenere alta disponibilità utilizzando i load balancer. Sfruttando le funzionalità di disaster recovery, Mythics può eseguire rapidamente lo scale-in o lo scale-out on-demand, anche durante i picchi stagionali, come la chiusura di fine mese, trimestre o anno.

- Configurazioni di sicurezza complesse automatizzate: Mythics è in grado di personalizzare, configurare e proteggere rapidamente il proprio ambiente entro poche ore dalla creazione dell'istanza.

- Creazione di impostazioni di sicurezza personalizzabili: Mythics può anche riutilizzare e modificare i modelli OCI Landing Zone e applicarli a qualsiasi settore pubblico o ambiente di clienti commerciali, eseguendo qualsiasi tipo di carico di lavoro su OCI.

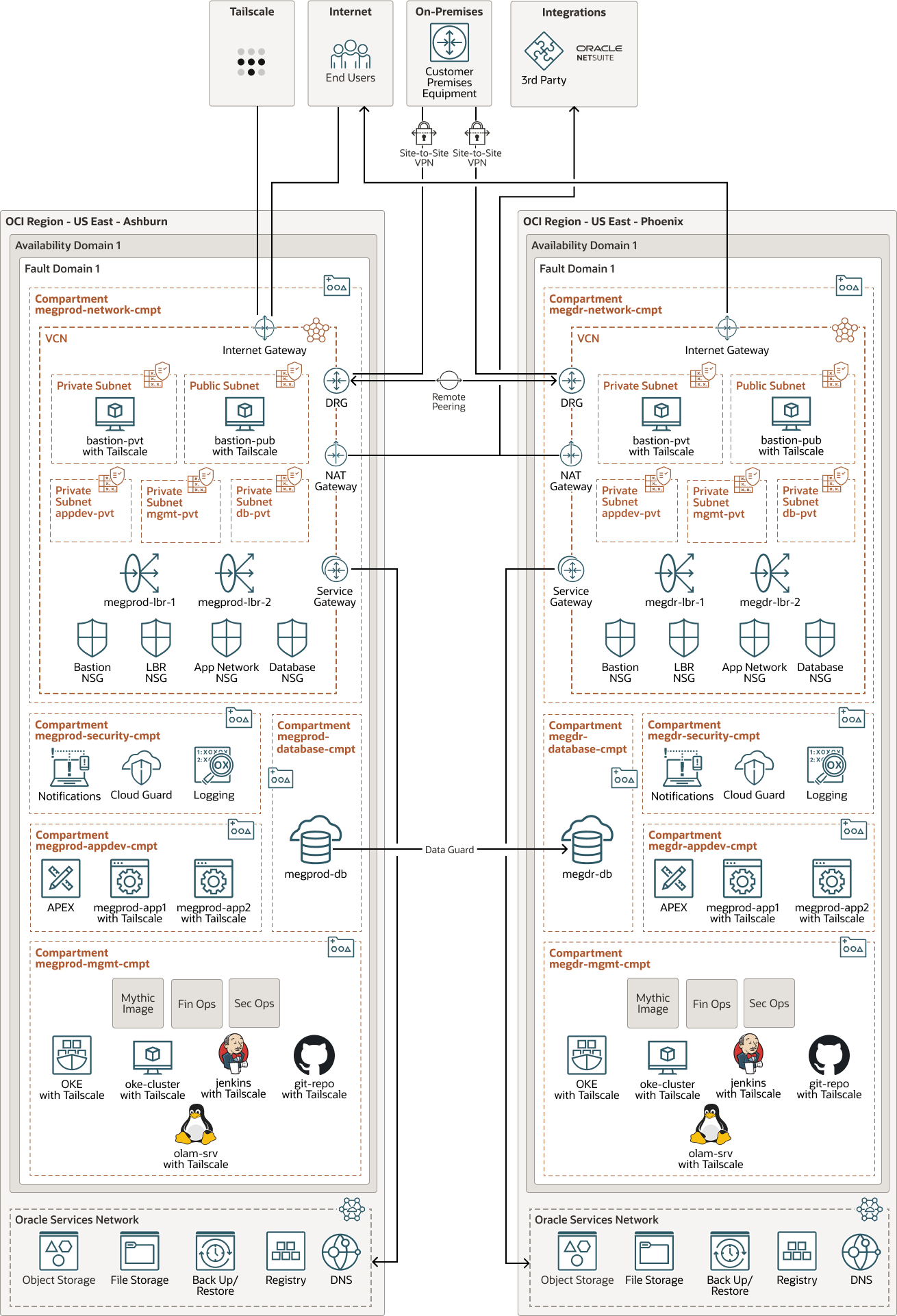

Architettura

Mythics ha implementato una zona di destinazione Oracle Cloud Infrastructure (OCI) per proteggere l'ambiente per il suo portale di vendita Internet.

Utilizzando il modello OCI Landing Zone, Mythics ha creato automaticamente una rete cloud virtuale (VCN), nonché più subnet e compartimenti. Le subnet sono state create con isolamento e segmentazione della rete, liste di sicurezza, tabelle di instradamento e gruppi di sicurezza di rete (NSG):

- appdev-pvt: subnet privata per le risorse dell'applicazione

- Management-pvt: una subnet privata per le risorse di gestione

- db-pvt: subnet privata per le risorse di database

- bastion-pvt: subnet privata per l'accesso all'host bastion

- bastion-pub: subnet pubblica per l'accesso all'host bastion

Mythics ha utilizzato i compartimenti per raggruppare e controllare l'accesso alle risorse. Mythics ha implementato un modello di accesso con privilegi minimi creando gruppi e criteri e quindi assegnando le autorizzazioni appropriate per controllare chi può accedere alle risorse. Per impostazione predefinita, la zona di atterraggio crea cinque compartimenti:

- megprod-network-cmpt: compartimento per le risorse di rete

- megprod-security-cmpt: compartimento per le risorse di sicurezza che includono, notifiche, Cloud Guard e log

- megprod-appdev-cmpt: compartimento per APEX e Application Server

- megprod-database-cmpt: compartimento per i database server

- megprod-mgmt-cmpt: un compartimento per le risorse di gestione

Mythics ha anche utilizzato OCI Landing Zone per distribuire automaticamente strumenti di sicurezza, come Oracle Cloud Guard per la gestione delle impostazioni di sicurezza, OCI Logging per consolidare i log e OCI Notifications. I miti poi strati nei loro componenti, che includono:

- APEX per lo sviluppo di applicazioni low code di form, procedure guidate e flussi di lavoro

- Due istanze di virtual machine (VM) per i processi applicativi, bilanciamento del carico per l'alta disponibilità

- Oracle Database Cloud Service in esecuzione su macchine virtuali e un data warehouse per l'archiviazione di oltre 200.000 transazioni di vendita correnti e storiche

- Un cluster OCI Kubernetes Engine (OKE) per automatizzare la gestione delle risorse

- Strumenti quali Jenkins, Git repository e Oracle Linux Automation Manager (OLAM) inclusi nel cluster OKE per automatizzare lo sviluppo, il test, la distribuzione e la gestione del software.

- Host bastion che forniscono l'accesso da una subnet privata tramite la rete in locale e da una subnet pubblica accessibile da Internet

Gli utenti accedono al portale di vendita Internet utilizzando un gateway Internet. Gli sviluppatori e gli amministratori di Mythics gestiscono l'ambiente da una posizione on-premise utilizzando Tailscale per una maggiore sicurezza. La rete on-premise viene connessa utilizzando i tunnel VPN IPSec con l'apparecchiatura on-premise (CPE) del cliente connessa ai gateway di instradamento dinamico (DRG). Da Internet, gli sviluppatori di Mythics accedono all'ambiente utilizzando Tailscale, un servizio VPN che protegge dispositivi e applicazioni accessibili ovunque. Oltre a utilizzare gruppi, criteri e regole di rete, Tailscale consente a Mythics di controllare l'accesso alla rete edge e quindi di ottimizzare l'esatto livello di accesso concesso. Ad esempio, gli sviluppatori di Mythics possono accedere al cluster e all'applicazione OKE, mentre gli amministratori possono accedere solo alle istanze di Application Server, creando un livello di sicurezza aggiuntivo nella rete di accesso zero-trust.

I gateway NAT vengono utilizzati per le integrazioni con Oracle NetSuite. Oracle NetSuite CRM/ERP viene aggiornato ogni 15 minuti ed è estratto quotidianamente da una serie di dashboard APEX e report ad hoc. Le API REST vengono utilizzate come punti di automazione ed eseguono il push delle modifiche a NetSuite dal database. Ulteriori punti di integrazione consentono a Mythics di utilizzare l'applicazione come orchestratore di licenze per gestire contratti di grandi dimensioni tramite un contratto di licenza illimitato (ULA).

Per il disaster recovery, l'applicazione viene distribuita in una configurazione active-passive. Regione orientale degli Stati Uniti - Ashburn è la regione principale e la regione occidentale degli Stati Uniti - Phoenix è il sito di disaster recovery (DR). Le due aree sono connesse utilizzando il peering remoto tra i due DRG. I load balancer reindirizzano gli utenti al sito di DR in caso di errore in Ashburn. Il database viene replicato utilizzando Oracle Data Guard da Ashburn a Phoenix. I servizi di storage di file e di storage degli oggetti vengono replicati da Ashburn a Phoenix. I servizi di backup nativi OCI vengono utilizzati per eseguire il backup dell'infrastruttura.

- Sfruttare un maggior numero di opzioni platform-as-a-service (PaaS)

- Migrazione del database da Oracle Database Cloud Service in esecuzione su virtual machine a Oracle Autonomous Database per alleviare le operazioni e la manutenzione del database ai team Mythics

Il diagramma riportato di seguito illustra l'architettura di rete e disaster recovery.

mitica-oci-architettura-oracle.zip

L'architettura presenta i seguenti componenti:

- Tenancy

Una tenancy è una partizione sicura e isolata che Oracle imposta all'interno di Oracle Cloud quando ti iscrivi a Oracle Cloud Infrastructure. Puoi creare, organizzare e amministrare le risorse in Oracle Cloud all'interno della tua tenancy. Una tenancy è sinonimo di azienda o organizzazione. Di solito, un'azienda avrà una singola tenancy e rifletterà la sua struttura organizzativa all'interno di quella tenancy. Una singola tenancy viene in genere associata a una singola sottoscrizione e una singola sottoscrizione in genere ha una sola tenancy.

- Area

Un'area geografica Oracle Cloud Infrastructure è un'area geografica localizzata che contiene uno o più data center, denominati domini di disponibilità. Le regioni sono indipendenti da altre regioni e grandi distanze possono separarle (tra paesi o addirittura continenti).

- Compartimento

I compartimenti sono partizioni logiche tra più aree all'interno di una tenancy Oracle Cloud Infrastructure. Usare i compartimenti per organizzare, controllare l'accesso e impostare le quote d'uso per le risorse Oracle Cloud. In un determinato compartimento, si definiscono i criteri che controllano l'accesso e impostano i privilegi per le risorse.

- Dominio di disponibilità

I domini di disponibilità sono data center standalone e indipendenti all'interno di un'area geografica. Le risorse fisiche in ciascun dominio di disponibilità sono isolate dalle risorse negli altri domini di disponibilità, il che fornisce tolleranza agli errori. I domini di disponibilità non condividono l'infrastruttura, ad esempio alimentazione o raffreddamento, o la rete interna del dominio di disponibilità. Pertanto, un errore in un dominio di disponibilità non dovrebbe influire sugli altri domini di disponibilità nell'area.

- Dominio di errore

Un dominio di errore consiste in un gruppo di hardware e infrastruttura all'interno di un dominio di disponibilità. Ogni dominio di disponibilità dispone di tre domini di errore con alimentazione e hardware indipendenti. Quando distribuisci le risorse su più domini di errore, le tue applicazioni possono tollerare errori fisici del server, manutenzione del sistema e errori di alimentazione all'interno di un dominio di errore.

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile e definita dal software configurata in un'area Oracle Cloud Infrastructure. Come le tradizionali reti di data center, le reti VCN consentono di controllare l'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo aver creato la VCN. Puoi segmentare una VCN in subnet, che possono essere definite in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet nella VCN. È possibile modificare le dimensioni di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Tabella di instradamento

Le tabelle di instradamento virtuali contengono regole per instradare il traffico dalle subnet alle destinazioni esterne a una VCN, in genere attraverso i gateway.

- Lista di sicurezza

Per ogni subnet, puoi creare regole di sicurezza che specificano l'origine, la destinazione e il tipo di traffico che devono essere consentiti all'interno e all'esterno della subnet.

- VPN da sito a sito

La VPN da sito a sito fornisce la connettività IPSec VPN tra la rete on premise e le reti VCN in Oracle Cloud Infrastructure. La suite di protocolli IPSec cifra il traffico IP prima del trasferimento dei pacchetti dall'origine alla destinazione e decifra il traffico all'arrivo.

- Gateway Internet

Il gateway Internet consente il traffico tra le subnet pubbliche in una VCN e la rete Internet pubblica.

- Gateway di instradamento dinamico (DRG)

Il gateway DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra le reti VCN nella stessa area, tra una rete VCN e una rete esterna all'area, ad esempio una rete VCN in un'altra area Oracle Cloud Infrastructure, una rete on premise o una rete in un altro provider cloud.

- Gateway NAT (Network Address Translation)

Un gateway NAT consente alle risorse private in una VCN di accedere agli host su Internet, senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway del servizio

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, come Oracle Cloud Infrastructure Object Storage. Il traffico dalla VCN al servizio Oracle viene instradato sul fabric di rete Oracle e non attraversa Internet.

- Peering remoto

Il peering remoto consente alle risorse delle reti VCN di comunicare utilizzando indirizzi IP privati senza instradare il traffico su Internet o tramite la rete on premise. Il peering remoto elimina la necessità di un gateway Internet e di indirizzi IP pubblici per le istanze che devono comunicare con un'altra VCN in un'area diversa.

- Load balancer

Il servizio Oracle Cloud Infrastructure Load Balancing fornisce la distribuzione automatica del traffico da un unico punto di accesso a più server nel back-end.

- Oracle Base Database Service

Oracle Base Database Service è un servizio di database Oracle Cloud Infrastructure (OCI) che ti consente di creare, ridimensionare e gestire database Oracle completi di tutte le funzionalità sulle virtual machine. Oracle Base Database Service utilizza lo storage dei volumi a blocchi OCI anziché lo storage locale e può eseguire Oracle Real Application Clusters (Oracle RAC) per migliorare la disponibilità.

- Data Guard

Oracle Data Guard e Oracle Active Data Guard offrono un set completo di servizi che creano, mantengono, gestiscono e monitorano uno o più database di standby e che consentono ai database Oracle di produzione di rimanere disponibili senza interruzioni. Oracle Data Guard gestisce questi database di standby come copie del database di produzione utilizzando la replica in-memory. Se il database di produzione non è più disponibile a causa di un'indisponibilità pianificata o non pianificata, Oracle Data Guard può passare qualsiasi database di standby al ruolo di produzione, riducendo al minimo i tempi di inattività associati all'indisponibilità. Oracle Active Data Guard offre la possibilità aggiuntiva di scaricare i carichi di lavoro in lettura, principalmente sui database in standby e offre inoltre funzioni avanzate di protezione dei dati.

- Cloud Guard

Puoi utilizzare Oracle Cloud Guard per monitorare e gestire la sicurezza delle tue risorse in Oracle Cloud Infrastructure. Cloud Guard utilizza ricette del rilevatore che è possibile definire per esaminare le risorse per individuare eventuali punti deboli della sicurezza e per monitorare operatori e utenti per determinate attività rischiose. Quando viene rilevata una configurazione errata o un'attività non sicura, Cloud Guard consiglia azioni correttive e aiuta a eseguire tali azioni, in base alle ricette dei rispondenti che è possibile definire.

- Servizio APEX

Oracle APEX è una piattaforma di sviluppo low-code che consente di creare applicazioni enterprise scalabili, ricche di funzioni, sicure che possono essere distribuite ovunque sia installato Oracle Database. Non è necessario essere esperti in una vasta gamma di tecnologie per fornire soluzioni sofisticate. Oracle APEX include funzioni incorporate quali i temi dell'interfaccia utente, i controlli di navigazione, gli handler dei form e i report flessibili che accelerano il processo di sviluppo delle applicazioni.

- Notifiche

Il servizio Oracle Cloud Infrastructure Notifications trasmette messaggi ai componenti distribuiti tramite un pattern di pubblicazione/sottoscrizione, offrendo messaggi sicuri, altamente affidabili, a bassa latenza e duraturi per le applicazioni ospitate su Oracle Cloud Infrastructure.

- LogLogging è un servizio altamente scalabile e completamente gestito che fornisce l'accesso ai seguenti tipi di log dalle risorse nel cloud:

- Log di audit: log relativi agli eventi emessi dal servizio di audit.

- Log del servizio: log emessi da singoli servizi, ad esempio gateway API, eventi, funzioni, bilanciamento del carico, storage degli oggetti e log di flusso VCN.

- Log personalizzati: log che contengono informazioni di diagnostica provenienti da applicazioni personalizzate, altri provider cloud o da un ambiente in locale.

- Motore Kubernetes

Oracle Cloud Infrastructure Kubernetes Engine (OCI Kubernetes Engine o OKE) è un servizio completamente gestito, scalabile e ad alta disponibilità che puoi utilizzare per distribuire le tue applicazioni containerizzate nel cloud. Puoi specificare le risorse di computazione richieste dalle tue applicazioni e Kubernetes Engine le esegue sul Oracle Cloud Infrastructure in una tenancy esistente. OKE utilizza Kubernetes per automatizzare l'implementazione, la scalabilità e la gestione di applicazioni containerizzate tra cluster di host.

- Storage degli oggetti

Lo storage degli oggetti Oracle Cloud Infrastructure fornisce un accesso rapido a grandi quantità di dati strutturati e non strutturati di qualsiasi tipo di contenuto, inclusi backup del database, dati analitici e contenuti avanzati come immagini e video. Puoi memorizzare e quindi recuperare i dati direttamente da Internet o dall'interno della piattaforma cloud. Puoi ridimensionare lo storage senza alcun deterioramento delle prestazioni o dell'affidabilità del servizio. Utilizza lo storage standard per lo storage "caldo" a cui è necessario accedere rapidamente, immediatamente e frequentemente. Utilizza lo storage di archivio per lo storage "freddo" che conservi per lunghi periodi di tempo e a cui accedi raramente o raramente.

- Storage file

Il servizio Oracle Cloud Infrastructure File Storage offre un file system di rete duraturo, scalabile, sicuro e di livello aziendale. Puoi connetterti a un file system del servizio di storage di file da qualsiasi istanza Bare Metal, virtual machine o container in una rete VCN. Inoltre, puoi accedere a un file system dall'esterno della VCN utilizzando Oracle Cloud Infrastructure FastConnect e IPSec VPN.

- DNS

Il servizio DNS (Domain Name System) di Oracle Cloud Infrastructure è una rete DNS (Domain Name System) anycast, globale e altamente scalabile che offre prestazioni, resilienza e scalabilità DNS ottimizzate, in modo che gli utenti finali si connettano alle applicazioni Internet in modo rapido, da qualsiasi luogo.

- Registro

Oracle Cloud Infrastructure Registry è un registro gestito da Oracle e che ti consente di semplificare il flusso di lavoro da sviluppo a produzione. Registry semplifica la memorizzazione, la condivisione e la gestione degli artifact di sviluppo, ad esempio le immagini Docker. L'architettura altamente disponibile e scalabile di Oracle Cloud Infrastructure ti assicura di poter distribuire e gestire le tue applicazioni in modo affidabile.

Visualizza altro

Scopri di più sulle caratteristiche di questa architettura e sulle architetture correlate.

Guarda i seguenti post del blog sulla zona di destinazione di Oracle Cloud Infrastructure: