Distribuisci Oracle Retail Xstore Office su Oracle Autonomous Database

Oracle Retail Xstore Office e POS sono la soluzione omnicanale e commerciale per il retail leader del settore. Questa architettura di riferimento consente ai retailer di adottare Oracle Cloud Infrastructure (OCI) per ospitare Oracle Retail Xstore Office e offre i seguenti vantaggi:

- Infrastruttura affidabile

- Alte prestazioni

- High Availability

- Ridimensionamento automatico

- Disaster recovery

- Servizi gestiti

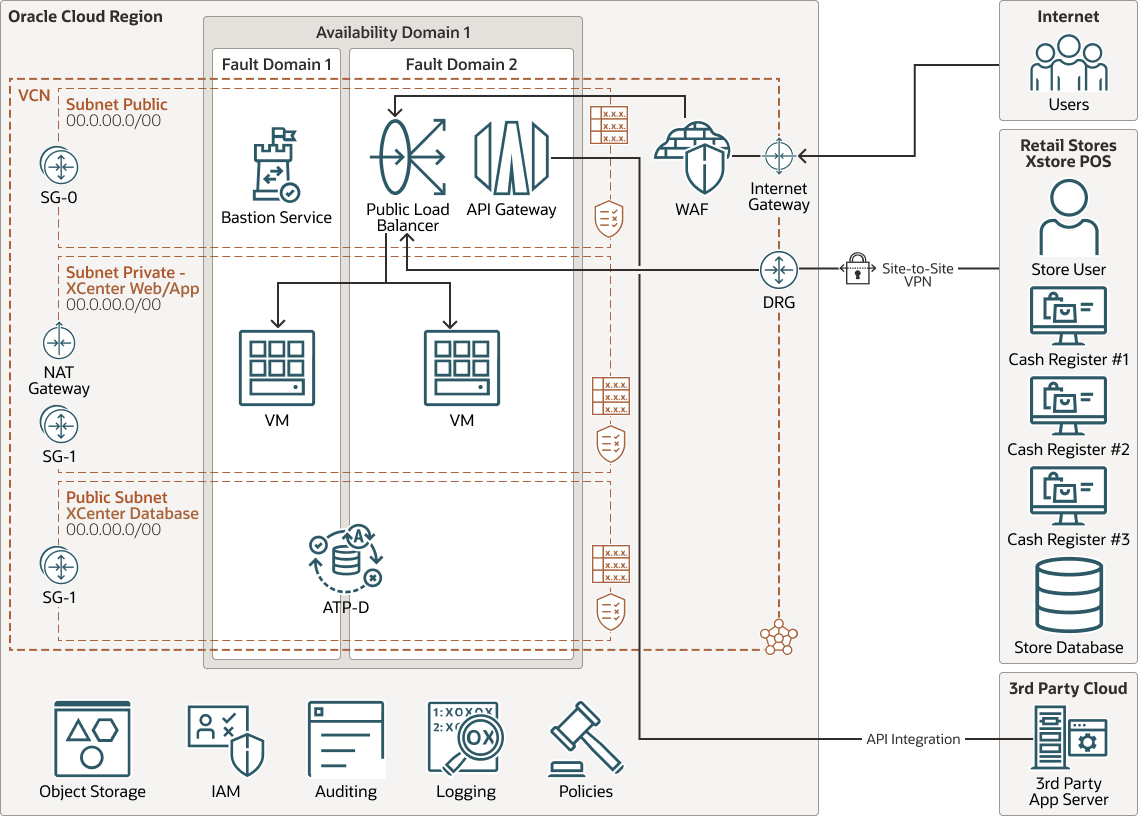

Architettura

Questa soluzione cloud distribuisce Oracle Retail Xstore Office in un'architettura dell'applicazione bilanciata dal carico di lavoro con Oracle Autonomous Database al backend. Oracle Autonomous Database offre funzionalità ad alte prestazioni, scalabilità automatica e ottimizzazione con vantaggi aggiuntivi di massimo tempo di attività, sicurezza e produttività del database.

I Web server Xcenter e gli Application Server vengono distribuiti in domini di errore separati per fornire tolleranza agli errori. Autonomous Transaction Processing - Il database dedicato (ATP-D) gestito da Oracle viene distribuito nella subnet privata del database. Hai la possibilità di usare Autonomous Transaction Processing - Database condiviso (ATP-S), Oracle Database Cloud Services o di gestire il tuo database su VM o Bare Metal in OCI. Lo storage di file OCI condiviso viene installato da tutti i Web e dagli Application Server.

POS per il punto vendita al dettaglio accede a Xcenter in OCI tramite VPN da sito a sito per la ricerca centralizzata dei dati e la replica dei dati di vendita. Gli utenti Internet accedono all'applicazione tramite il gateway Internet. L'IT aziendale retail supporta l'ambiente cloud tramite il servizio Bastion. L'applicazione viene posizionata in una subnet privata dietro il load balancer pubblico e Oracle Web Application Firewall (WAF).

I sistemi POS del punto vendita replicano i dati di vendita nel database Xcenter tramite l'Application Server. Il gateway API gestito OCI consente a Xstore Office di integrarsi con applicazioni retail di 3a parte. Il gateway NAT (Network Address Translation) OCI consente l'accesso a Internet in uscita alle risorse presenti nelle subnet private.

Il seguente diagramma illustra l'architettura di riferimento ad alte prestazioni.

Descrizione dell'illustrazione oci_adb_xstore_office_arch.png

oci-adb-xstore-office-arch-oracle.zip

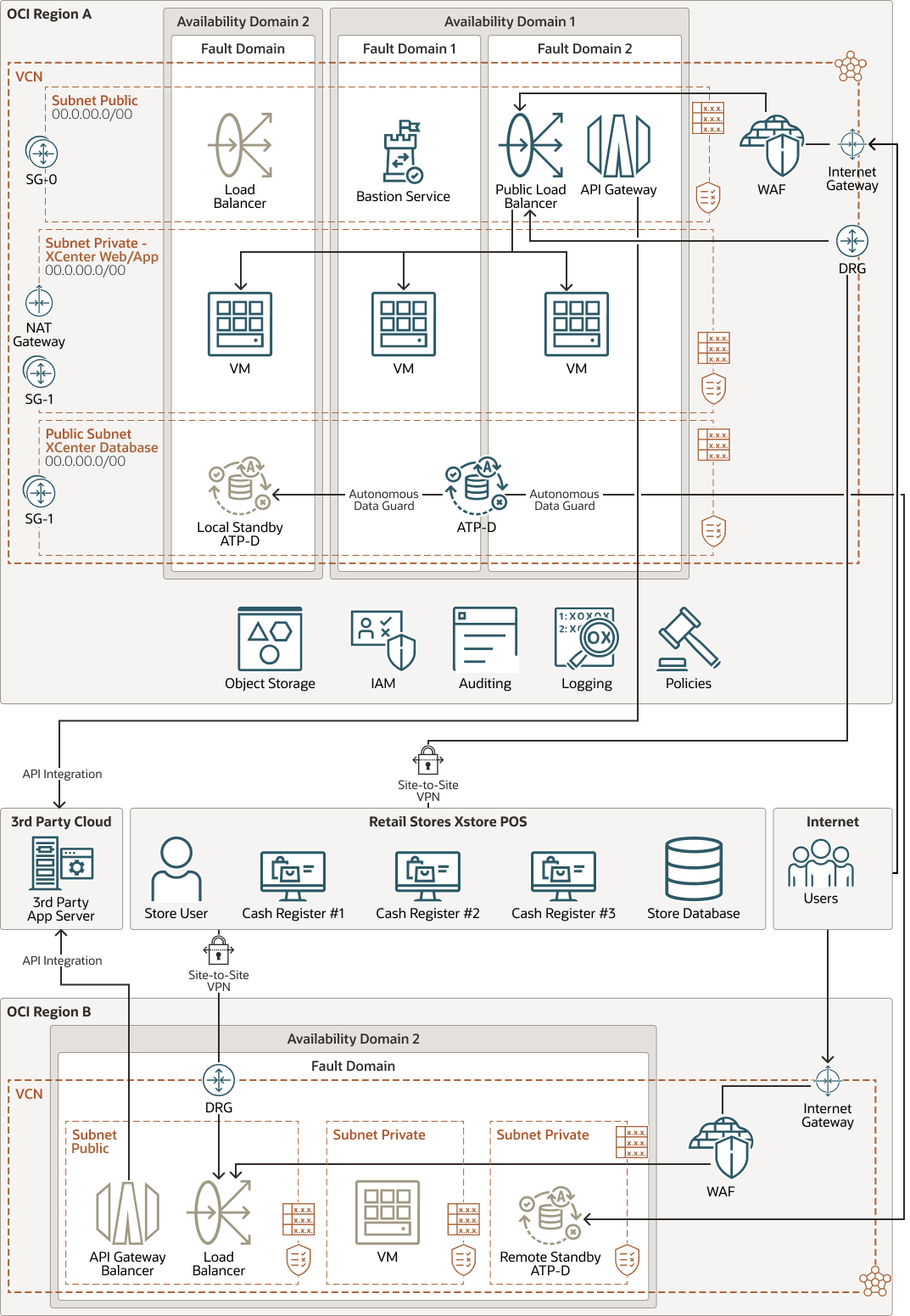

Le attività di retail richiedono alta disponibilità (HA, High Availability). Puoi distribuire il Web e l'applicazione Xcenter in domini di disponibilità separati della stessa area e bilanciare il carico tra i server in due o più domini di disponibilità. Il load balancer in standby viene distribuito in un dominio di disponibilità separato. Autonomous Data Guard è impostato per sincronizzare i dati dall'ATP attivo al database ATP in standby locale.

È possibile impostare Xstore Office Disaster Recovery (DR) in un'area OCI remota. La riconfigurazione dinamica avrà la stessa architettura della produzione con un footprint ridotto per risparmiare sui costi. In caso di errori irreversibili o di test DR, è possibile eseguire rapidamente lo scale-up dell'ambiente nel cloud. Autonomous Data Guard viene utilizzato per sincronizzare il database ATP attivo con il database ATP in standby remoto.

Il diagramma riportato di seguito illustra l'architettura HA e DR.

Descrizione dell'immagine oci_adb_xstore_office_ha_arch.png

oci-adb-xstore-office-ha-arch-oracle.zip

L'architettura è dotata dei componenti elencati di seguito.

- Regione

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata che contiene uno o più data center, definiti domini di disponibilità. Le regioni sono indipendenti da altre regioni e grandi distanze possono separarle (in tutti i paesi o anche in continenti).

- Domini di disponibilità

I domini di disponibilità sono data center standalone indipendenti all'interno di un'area geografica. Le risorse fisiche in ciascun dominio di disponibilità sono isolate dalle risorse presenti negli altri domini di disponibilità, che offrono tolleranza agli errori. I domini di disponibilità non condividono l'infrastruttura, ad esempio l'alimentazione o il raffreddamento, oppure la rete interna del dominio di disponibilità. Pertanto, è improbabile che l'eventuale guasto di un dominio di disponibilità influenzi gli altri domini di disponibilità dell'area.

- domini di errore

Un dominio di errore è un raggruppamento di hardware e infrastruttura all'interno di un dominio di disponibilità. Ogni dominio di disponibilità dispone di tre domini di errore con alimentazione e hardware indipendenti. Quando distribuisci risorse su più domini di errore, le tue applicazioni possono tollerare errori fisici del server, manutenzione del sistema e errori di alimentazione all'interno di un dominio di errore.

- Rete cloud virtuale (VCN) e subnet

Una VCN è una rete personalizzabile e definita dal software configurata in un'area Oracle Cloud Infrastructure. Analogamente alle reti di data center tradizionali, i VCN offrono il controllo completo sull'ambiente di rete. Una VCN può avere più blocchi CIDR non sovrapposti che puoi modificare dopo aver creato la VCN. Puoi segmentare una VCN nelle subnet che possono essere definite nell'area o in un dominio di disponibilità. Ogni subnet è composta da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet nella VCN. Puoi modificare le dimensioni di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Load balancer

Il servizio Oracle Cloud Infrastructure Load Balancing offre la distribuzione automatica del traffico da un unico punto di accesso a più server nel back-end.

- Lista di sicurezza

Per ogni subnet, puoi creare regole di sicurezza che specifichino l'origine, la destinazione e il tipo di traffico che deve essere consentito all'interno e all'esterno della subnet.

- Gateway NAT (Network Address Translation)

Un gateway NAT consente alle risorse private di una VCN di accedere agli host su Internet senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway del servizio

Il gateway di servizi fornisce l'accesso da una VCN ad altri servizi, come Oracle Cloud Infrastructure Object Storage. Il traffico dalla VCN al servizio Oracle viaggia sulla struttura di rete Oracle e non attraversa mai Internet.

- Zona di sicurezza

Le zone di sicurezza garantiscono innanzitutto le procedure ottimali di sicurezza di Oracle applicando criteri quali la cifratura dei dati e la prevenzione dell'accesso pubblico alle reti per un intero compartimento. Una zona di sicurezza è associata a un compartimento con lo stesso nome e include criteri della zona di sicurezza o una "ricetta" valida per il compartimento e i relativi compartimenti secondari. Non è possibile aggiungere o spostare un compartimento standard in un compartimento della zona di sicurezza.

- Memoria oggetti

Lo storage degli oggetti garantisce un accesso rapido a grandi quantità di dati strutturati e non strutturati di qualsiasi tipo di contenuto, inclusi backup del database, dati analitici e contenuti avanzati, ad esempio immagini e video. Puoi memorizzare e recuperare i dati direttamente da Internet o dalla piattaforma cloud in tutta sicurezza. Puoi ridimensionare lo storage in modo trasparente senza alcun peggioramento a livello di prestazioni o affidabilità dei servizi. Utilizza lo storage standard per lo storage "hot" a cui devi accedere in modo rapido, immediato e frequente. Utilizzare lo storage di archivio per lo storage "freddo" che si mantiene per lunghi periodi di tempo e raramente può accedere.

- Autonomous Database

Oracle Cloud Infrastructure Autonomous Database è un ambiente di database preconfigurato e completamente gestito che puoi utilizzare per l'elaborazione delle transazioni e i carichi di lavoro di data warehousing. Non è necessario configurare o gestire hardware né installare software. Oracle Cloud Infrastructure gestisce la creazione del database, nonché il backup, l'applicazione di patch, l'aggiornamento e l'ottimizzazione del database.

- Autonomous Transaction Processing

Oracle Autonomous Transaction Processing è un servizio di database self-driving, self-securing, self-repairing ottimizzato per i carichi di lavoro di elaborazione delle transazioni. Non è necessario configurare o gestire hardware né installare software. Oracle Cloud Infrastructure gestisce la creazione del database, nonché il backup, l'applicazione di patch, l'aggiornamento e l'ottimizzazione del database.

Suggerimenti

- VCN

Quando crei una rete VCN, determina il numero di blocchi CIDR necessari e la dimensione di ogni blocco in base al numero di risorse che intendi collegare alle subnet nella VCN. Usa blocchi CIDR che si trovano nello spazio di indirizzi IP privati standard.

Selezionare i blocchi CIDR che non si sovrappongono ad altre reti (in Oracle Cloud Infrastructure, nel data center on premise o in un altro provider cloud) a cui si intende impostare connessioni private.

Dopo aver creato una VCN, puoi modificarne, aggiungere e rimuovere i blocchi CIDR.

Quando si progettano le subnet, tenere in considerazione il flusso di traffico e i requisiti di sicurezza. Collegare tutte le risorse all'interno di un livello o ruolo specifico alla stessa subnet, che può essere utilizzata come limite di sicurezza.

- Sicurezza

Utilizza Oracle Cloud Guard per monitorare e mantenere la sicurezza delle tue risorse in Oracle Cloud Infrastructure in modo proattivo. Cloud Guard utilizza le ricette del rilevatore che è possibile definire per esaminare le risorse ai fini delle carenze di sicurezza e per monitorare operatori e utenti per le attività a rischio. Quando viene rilevata un'attività di configurazione errata o non sicura, Cloud Guard consiglia azioni correttive e assiste l'esecuzione di tali azioni, in base alle ricette del rispondente che è possibile definire.

Per le risorse che richiedono una maggiore sicurezza, Oracle consiglia di utilizzare le zone di sicurezza. Una zona di sicurezza è un compartimento associato a una ricetta dei criteri di sicurezza definita da Oracle basata sulle migliori prassi. Ad esempio, le risorse in una zona di sicurezza non devono essere accessibili dalla rete Internet pubblica e devono essere cifrate utilizzando chiavi gestite dal cliente. Quando crei e aggiorni le risorse in una zona di sicurezza, Oracle Cloud Infrastructure convalida le operazioni rispetto ai criteri nella ricetta della zona di sicurezza e nega le operazioni che violano uno qualsiasi dei criteri.

- Cloud Guard

Duplicare e personalizzare le ricette predefinite fornite da Oracle per creare ricette personalizzate di rilevatori e rispondenti. Queste ricette consentono di specificare il tipo di violazione della sicurezza che genera un'avvertenza e quali azioni possono essere eseguite su di esse. Ad esempio, potresti voler rilevare i bucket di storage degli oggetti che hanno visibilità impostata sul pubblico.

Applicare Cloud Guard a livello di tenancy per coprire l'ambito più ampio e ridurre l'onere amministrativo legato alla gestione di più configurations.You può anche utilizzare la funzione Lista gestita per applicare determinate configurazioni ai rilevatori.

- Zona di sicurezza

Le zone di sicurezza garantiscono innanzitutto le procedure ottimali di sicurezza di Oracle applicando criteri quali la cifratura dei dati e la prevenzione dell'accesso pubblico alle reti per un intero compartimento. Una zona di sicurezza è associata a un compartimento con lo stesso nome e include criteri della zona di sicurezza o una "ricetta" valida per il compartimento e i relativi compartimenti secondari. Non è possibile aggiungere o spostare un compartimento standard in un compartimento della zona di sicurezza.

- Gruppo di sicurezza di rete (NSG)

Il gruppo di sicurezza di rete (NSG) agisce come firewall virtuale per le risorse cloud. Con il modello di sicurezza zero-trust di Oracle Cloud Infrastructure, tutto il traffico viene negato e puoi controllare il traffico di rete all'interno di una VCN. Un gruppo NSG è costituito da un set di regole di sicurezza in entrata e in uscita valide solo per un set specificato di VNIC in una singola VCN.

- Larghezza di banda del load balancer

Durante la creazione del load balancer, puoi selezionare una forma predefinita che fornisce la larghezza di banda fissa o specificare una forma personalizzata (flessibile) in cui impostare un intervallo di larghezza di banda e lasciare che il servizio ridimensioni automaticamente la larghezza di banda in base ai pattern di traffico. Mediante entrambi gli approcci, puoi modificare la forma in qualsiasi momento dopo aver creato il load balancer.

- Servizio gestito

Il servizio gestito offre funzionalità specifiche senza la necessità di eseguire attività di manutenzione correlate all'ottimizzazione di prestazioni, disponibilità, scalabilità, sicurezza o aggiornamento. Grazie a un servizio gestito, puoi dedicarti a offrire funzioni per i tuoi clienti invece di preoccuparti della complessità delle operazioni. I servizi gestiti OCI come Autonomous Database sono consigliati per ridurre il costo totale di proprietà.

- Database

Poiché Xstore è un'applicazione aziendale mission critical, le prestazioni costantemente elevate sono fondamentali. La possibilità di controllare l'upgrade, le patch e la verificabilità delle operazioni cloud sono fondamentali per l'azienda. ADB-D è consigliato per l'isolamento, le prestazioni, la sicurezza e le funzionalità di audit coerenti. Autonomous Database prevede un accordo sul livello di servizio per la disponibilità del 99,95%. È HA per impostazione predefinita. L'accordo sul livello di servizio aumenta fino al 99,995% di disponibilità con un database in standby. Sono incluse interruzioni pianificate e non pianificate.

Considerazioni

Quando si distribuisce questa architettura di riferimento, tenere presente quanto riportato di seguito.

- Implementazione

Alcuni componenti obbligatori devono essere distribuiti insieme a Xcenter, ad esempio il server Apache per lo scambio di file di dati e distribuzioni, la utility generatore RTLog. Si tratta di carichi di lavoro separati, nonché di log e monitoraggio.

In OCI è possibile distribuire un componente separato per fornire la funzionalità di ritiro curbside. Xstore fornisce l'integrazione del servizio Web che può essere utilizzata per questa operazione, ma è limitata dalla VPN dell'area di memorizzazione.

- Conformità

A seconda dell'implementazione, Xcenter può memorizzare i dati relativi ai clienti. La memorizzazione di questi dati potrebbe richiedere dei requisiti legali. OCI Data Safe è consigliato per comprendere la riservatezza dei dati, valutare i rischi dei dati, mascherare i dati riservati, implementare e monitorare i controlli di sicurezza, valutare la sicurezza degli utenti e monitorare l'attività degli utenti in una console unificata.

- Migrazione e aggiornamento

Se la migrazione a OCI viene combinata con l'upgrade della versione, Xcenter in locale e Xcenter OCI devono coesistere durante il periodo di rollout. Questo processo è chiamato 'ibridazione' in regolari aggiornamenti di Xstore e in genere richiede 2-5 mesi a seconda del numero di negozi.