Distribuisci Oracle Financial Services Data Foundation nel cloud con Autonomous Data Warehouse

In qualità di istituto di servizi finanziari, è necessario una soluzione di analisi completa. Oracle Financial Services Data Foundation combina un modello di dati di settore per i servizi finanziari con un set di strumenti di gestione e infrastruttura che consentono di gestire il ciclo di vita dell'analitica, dall'sourcing al reporting e alla business intelligence.

- Spostare l'infrastruttura nel cloud con una necessità minima di zero per modificare l'architettura dell'applicazione.

- Ridurre il costo totale di proprietà riducendo la sovravisione e passando da costi fissi a costi variabili.

- Ridurre il rischio di interruzioni nelle operazioni aziendali e aumentare la reattività e la soddisfazione del cliente.

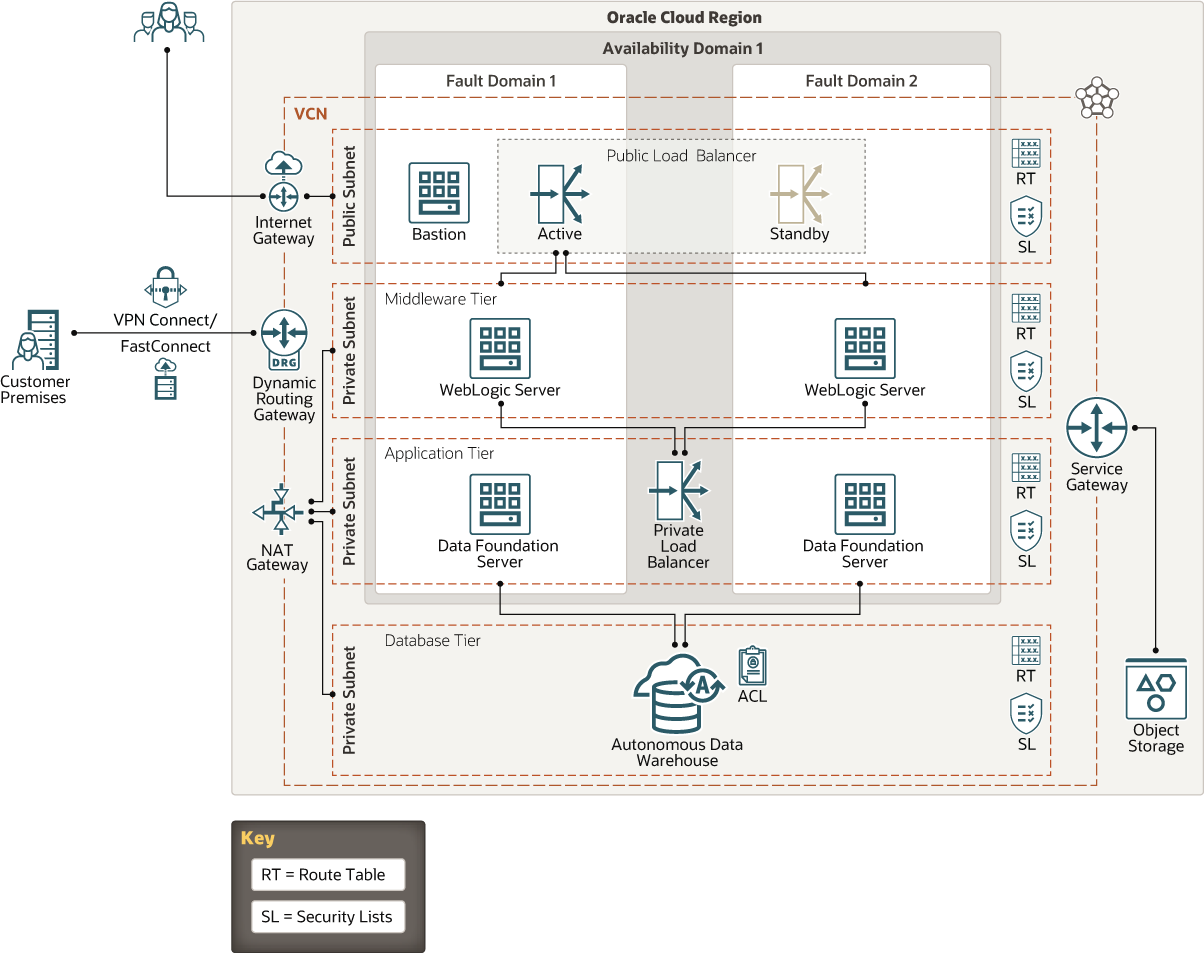

Architettura

Questa architettura di riferimento mostra l'infrastruttura necessaria per distribuire Oracle Financial Services Data Foundation nel cloud.

Il livello Middleware, il livello applicazione e il livello database si trovano in subnet private separate a cui è possibile accedere tramite un host bastion. L'accesso esterno alle applicazioni avviene tramite un load balancer pubblico. Ogni livello dispone di risorse ridondanti distribuite in domini di errore diversi, garantendo un ambiente di applicazione altamente disponibile in tutto lo stack.

Descrizione dell'illustrazione di sdf-oci.png

L'architettura contiene i seguenti componenti:

- Area

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata contenente uno o più data center, denominati domini di disponibilità. Le regioni sono indipendenti da altre regioni e vaste distanze possono separarle (tra paesi o addirittura continenti).

- Dominio di disponibilità

I domini di disponibilità sono data center indipendenti e autonomi all'interno di un'area. Le risorse fisiche in ogni dominio di disponibilità sono isolate dalle risorse degli altri domini di disponibilità, che forniscono tolleranza di errore. I domini di disponibilità non condividono infrastrutture quali l'alimentazione o il raffreddamento o la rete del dominio di disponibilità interno. Pertanto, è improbabile che un errore in un dominio di disponibilità influisca sugli altri domini di disponibilità nell'area.

- Dominio di errore

Un dominio di errore è un raggruppamento di hardware e infrastruttura all'interno di un dominio di disponibilità. Ogni dominio di disponibilità ha tre domini di errore con alimentazione e hardware indipendenti. Quando si distribuiscono risorse su più domini di errore, le applicazioni possono tollerare errori fisici del server, manutenzione del sistema e errori di alimentazione all'interno di un dominio di errore.

- Rete cloud virtuale (VCN) e subnet

VCN è una rete personalizzabile definita dal software impostata in un'area Oracle Cloud Infrastructure. Come le reti tradizionali dei data center, i VCN consentono di controllare completamente l'ambiente di rete. Un VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo aver creato VCN. È possibile segmentare un VCN in subnet, che possono essere definite in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet di VCN. È possibile modificare la dimensione di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Bilanciatore di carico

Il servizio Oracle Cloud Infrastructure Load Balancing fornisce la distribuzione automatica del traffico da un punto di accesso a più Application Server nel backend. Il load balancer fornisce un front-end agli Application Server, isolando e impedendo l'accesso non necessario o non autorizzato ai layer interni.

Quando si crea il layer applicazione in modalità cluster, è possibile configurare il load balancer per distribuire il traffico tra i server nel dominio Oracle WebLogic Server.

- Bastion host

L'host del bastione è un'istanza di calcolo che funge da punto di accesso sicuro e controllato alla topologia dall'esterno del cloud. Il provisioning dell'host del bastione viene eseguito in genere in una zona demilitarizzata (DMZ). Consente di proteggere le risorse sensibili posizionandole in reti private a cui non è possibile accedere direttamente dall'esterno del cloud. La topologia dispone di un unico punto di accesso noto che è possibile monitorare e sottoporre a audit regolarmente. È quindi possibile evitare di esporre i componenti più sensibili della topologia senza comprometterne l'accesso.

- Livello applicazioni

Il server Oracle Financial Services Data Foundation è il nodo che ospita i file binari del prodotto, i servizi multi-thread per la gestione dei metadati e i framework di elaborazione batch.

- Livello MiddlewareIl livello Middleware contiene gli elementi riportati di seguito.

- Oracle WebLogic Server

- Oracle Data Integrator: obbligatorio solo se si utilizza Oracle Financial Services Data Integration Hub

- Livello database

In questa architettura, Oracle Autonomous Data Warehouse viene utilizzato per lo schema di configurazione e lo schema atomico dell'applicazione. Una lista di controllo dell'accesso (ACL) limita l'accesso di rete al data warehouse solo agli host nel livello Middleware e nel livello applicazione.

Oracle Autonomous Data Warehouse è un servizio di database self-driving, self-securing e self-repairing ottimizzato per i carichi di lavoro del data warehouse. Non è necessario configurare o gestire hardware o installare software. Oracle Cloud Infrastructure gestisce la creazione del database, nonché il backup, l'applicazione di patch, l'aggiornamento e il tuning del database.

- Gateway NAT

Il gateway NAT consente alle risorse private in VCN di accedere agli host su Internet, senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway Internet

Il gateway Internet consente il traffico tra le subnet pubbliche in VCN e Internet pubblico.

- Gateway di instradamento dinamico (DRG)

DRG è un router virtuale che fornisce un percorso per il traffico di rete privato tra VCN e una rete esterna all'area, ad esempio VCN in un'altra area Oracle Cloud Infrastructure, una rete locale o una rete in un altro provider cloud.

- Gateway del servizio

Il gateway dei servizi fornisce l'accesso da VCN ad altri servizi, ad esempio Oracle Cloud Infrastructure Object Storage. Il traffico da VCN al servizio Oracle passa attraverso il tessuto di rete Oracle e non attraversa mai Internet.

Suggerimenti

Le vostre esigenze potrebbero differire dall'architettura descritta qui. Utilizzare i suggerimenti riportati di seguito come punto di inizio.

- VCN

Quando si crea un VCN, determinare il numero di blocchi CIDR necessari e la dimensione di ogni blocco in base al numero di risorse che si prevede di associare alle subnet in VCN. Utilizzare blocchi CIDR che si trovano all'interno dello spazio degli indirizzi IP privati standard.

Selezionare i blocchi CIDR che non si sovrappongono ad altre reti (in Oracle Cloud Infrastructure, nel data center in locale o in un altro provider cloud) a cui si desidera impostare le connessioni private.

Dopo aver creato un VCN, è possibile modificare, aggiungere e rimuovere i relativi blocchi CIDR.

Quando si progettano le subnet, prendere in considerazione il flusso di traffico e i requisiti di sicurezza. Allegare tutte le risorse all'interno di uno specifico livello o ruolo alla stessa subnet, che può fungere da limite di sicurezza.

Utilizzare le subnet regionali.

- Bilanciatore di carico

Scegliere una forma appropriata in base al numero di connessioni simultanee e al throughput richiesto per il carico di lavoro. Oracle consiglia di utilizzare i nomi DNS.

- Istanze di computazione

Questa architettura utilizza una singola istanza di calcolo per il livello applicazione e il livello middleware in ciascun dominio di errore. A seconda del carico di lavoro, decidere il numero di istanze di calcolo necessarie.

- Memorizzazione a blocchi

Le istanze di calcolo in questa architettura utilizzano una memorizzazione a blocchi regolare. Non sono richieste prestazioni aggiuntive.

- Connettività di rete

Per consentire agli amministratori di gestire l'ambiente, è possibile connettere la topologia cloud all'infrastruttura locale esistente utilizzando connessioni IPSec VPN site-to-site o circuiti FastConnect dedicati.

Se la topologia cloud deve essere isolata dall'infrastruttura in locale, è possibile distribuire un host bastion per proteggere l'accesso di gestione alle risorse nelle subnet private.

- Sicurezza

-

Utilizzare Oracle Cloud Guard per monitorare e mantenere proattivamente la sicurezza delle risorse in Oracle Cloud Infrastructure. Cloud Guard utilizza ricette di detector che è possibile definire per esaminare le risorse per individuare le debolezze della sicurezza e monitorare gli operatori e gli utenti per attività a rischio. Quando viene rilevata una configurazione errata o un'attività non sicura, Cloud Guard consiglia azioni correttive e assiste l'esecuzione di tali azioni in base alle ricette del rispondente che è possibile definire.

-

Per le risorse che richiedono la massima sicurezza, Oracle consiglia di utilizzare le zone di sicurezza. Una zona di sicurezza è un compartimento associato a una ricetta definita da Oracle di criteri di sicurezza basati sulle procedure ottimali. Ad esempio, le risorse in una zona di sicurezza non devono essere accessibili da Internet pubblico e devono essere cifrate utilizzando chiavi gestite dal cliente. Quando si creano e aggiornano le risorse in una zona di sicurezza, Oracle Cloud Infrastructure convalida le operazioni in base ai criteri nella composizione della zona di sicurezza e nega le operazioni che violano uno qualsiasi dei criteri.

-

Considerazioni

Durante la distribuzione di Oracle Financial Services Data Foundation nel cloud, considerare i fattori riportati di seguito.

- Prestazioni

È possibile scalare le prestazioni dell'architettura in base alle esigenze. È possibile utilizzare forme più grandi e aggiungere altre istanze per ridistribuire il carico nel livello dell'applicazione e nel livello Middleware.

La scala automatica è abilitata per impostazione predefinita quando si crea un'istanza di Oracle Autonomous Data Warehouse. È inoltre possibile ridimensionare manualmente il numero base di memorie centrali CPU del database in qualsiasi momento. Con la funzione di ridimensionamento automatico, il database può utilizzare fino a tre volte più risorse CPU e I/O senza alcun intervento manuale.

- Sicurezza

Utilizzare subnet private per tutte le risorse, ad eccezione dell'host bastion e del load balancer pubblico.

- Disponibilità

In questa architettura viene eseguito il provisioning delle risorse ridondanti in ogni layer tra domini di errore, garantendo l'alta disponibilità. È possibile adeguare l'architettura per distribuire le risorse su più aree.

Il backup del database autonomo viene eseguito automaticamente e i backup vengono conservati per 60 giorni. È inoltre possibile creare backup manuali per completare i backup automatici. I backup manuali vengono memorizzati in un bucket creato in Oracle Cloud Infrastructure Object Storage. È possibile ripristinare e recuperare il database a qualsiasi point in time durante il periodo di conservazione. Quando si avvia un recupero point in time, Oracle Autonomous Data Warehouse determina l'utilizzo del backup che consente un recupero più rapido.

I database autonomi vengono eseguiti su un'infrastruttura Exadata altamente disponibile. Per una maggiore protezione dei dati aziendali dagli scenari imprevisti di emergenza, valutare l'opportunità di abilitare un database in standby utilizzando Autonomous Data Guard. Questa è una funzionalità avanzata ed è disponibile solo nelle versioni 19c e successive. Non è disponibile nel livello Sempre libero.

- Costo

È possibile regolare le istanze di calcolo e i sistemi di database in modo che utilizzino forme più grandi quando il carico aumenta e si riduce a forme più piccole quando il carico si riduce.

Esplora altro

Ulteriori informazioni sulla distribuzione di Oracle Financial Services Data Foundation nel cloud.

- Risorse Oracle Financial Services Analytical Applications

- Documentazione di Oracle Financial Services Analytical Applications

- Documentazione di Oracle Financial Services Data Foundation Application Pack

- Framework procedure ottimali per Oracle Cloud Infrastructure

- Informazioni sulla protezione della topologia cloud da disastri

- Informazioni sull'architettura di una topologia cloud altamente disponibile