Sicurezza dei carichi di lavoro con Palo Alto Networks VM-Series Firewall utilizzando il load balancer di rete flessibile

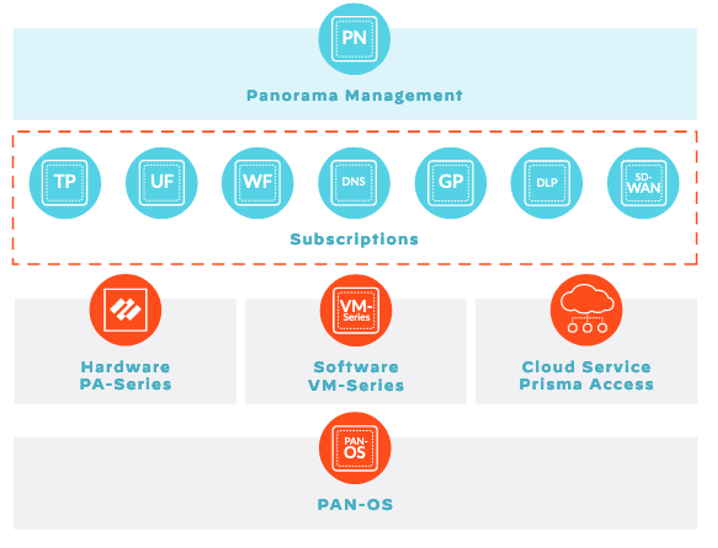

I firewall virtuali di nuova generazione Palo Alto Networks VM-Series proteggono ambienti multicolori fornendo visibilità e controllo completi del traffico delle applicazioni su applicazioni personalizzate, gestione coerente dei firewall cross-cloud e applicazione delle politiche, protezione contro le minacce alimentata da linguaggi elettronici e prevenzione delle trasfiltrazioni, funzionalità di distribuzione e provisioning automatizzate per tenere il passo con gli ambienti più dinamici.

I firewall virtuali di nuova generazione della serie VM aumentano i controlli di sicurezza della rete nativa di Oracle Cloud Infrastructure proteggendo da exploit, malware, minacce note e sconosciute e dall'esfiltrazione dei dati.

I firewall virtuali di nuova generazione della serie VM forniscono tutte le funzionalità dei firewall fisici di nuova generazione in un fattore di forma della macchina virtuale (VM), fornendo sicurezza della rete in linea e prevenzione delle minacce per proteggere in modo coerente i cloud pubblici e privati, i data center virtualizzati e le posizioni delle filiali. I firewall virtuali della serie VM offrono le funzionalità di cui i team di sicurezza hanno bisogno per proteggere gli ambienti cloud pubblici, tra cui visibilità e controllo completi, applicazione coerente delle politiche, sicurezza delle applicazioni, prevenzione dell'esfiltrazione, conformità e gestione dei rischi, automazione della sicurezza e gestione gnostica del cloud.

- Visibilità completa e controllo individua le minacce tra gli ambienti

- L'applicazione coerente dei criteri garantisce la massima sicurezza in classe

- Conformità e Risk Management diventano più facili

- Security Automation Safeguards DevOps

Architettura

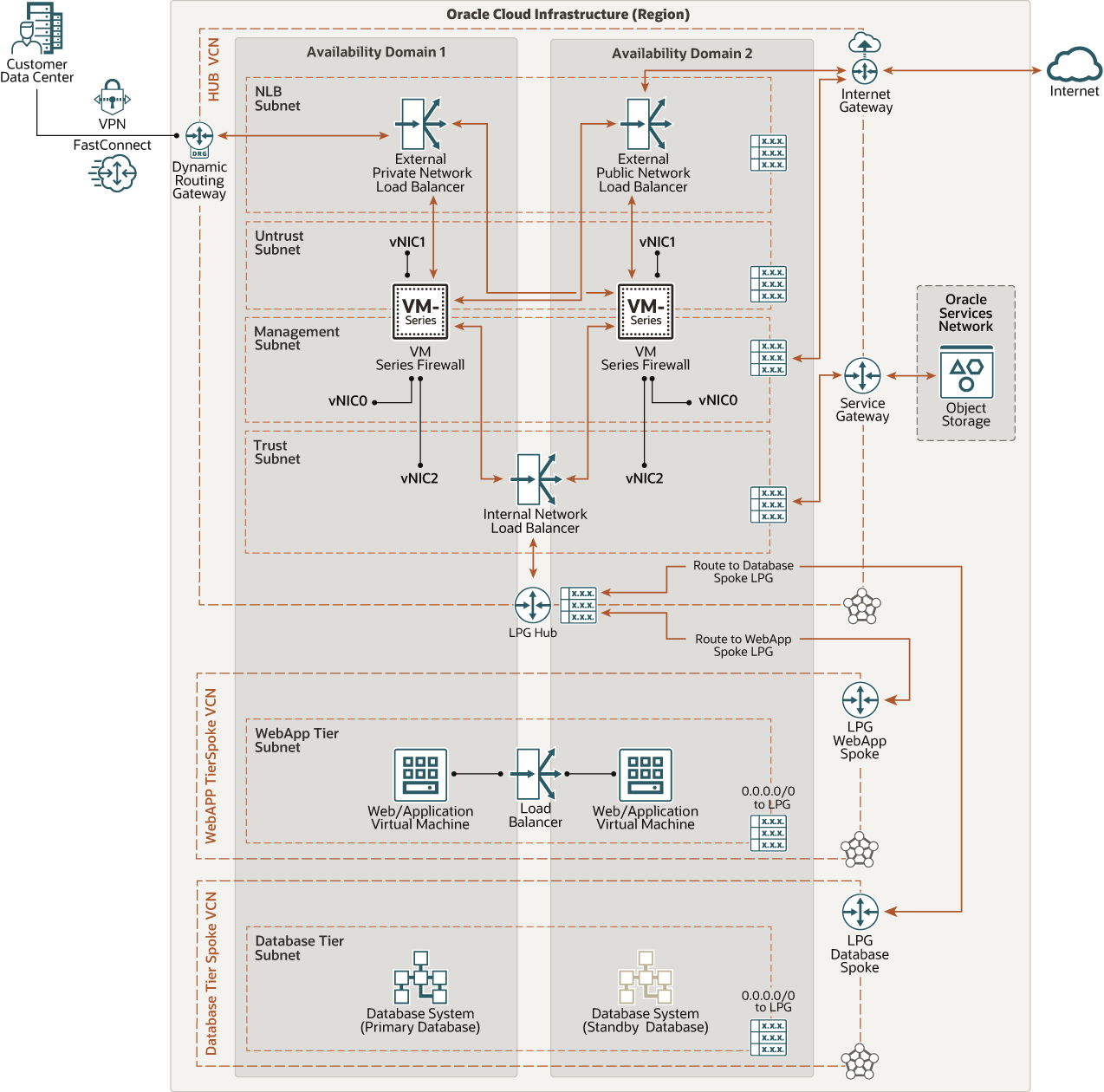

Questa architettura di riferimento illustra come le organizzazioni possono proteggere le applicazioni Oracle, come Oracle E-Business Suite e PeopleSoft, distribuite in Oracle Cloud Infrastructure (OCI) utilizzando Palo Alto Networks VM Series Firewall con load balancer flessibile di rete.

Per proteggere questi flussi di traffico, Palo Alto Networks consiglia di segmentare la rete utilizzando un hub e una topologia parlata, dove il traffico viene instradato attraverso un hub centrale ed è collegato a più reti distinte (raggi). Assicurarsi di aver distribuito più istanze della serie VM tra load balancer di rete flessibili considerati topologia sandwich. Tutto il traffico tra i raggi, da e per Internet, da e verso il locale, o verso la rete Oracle Services, viene instradato attraverso l'hub e ispezionato con le tecnologie di prevenzione delle minacce multistrato Palo Alto Networks VM Series Firewall.

Distribuire ogni livello dell'applicazione nella propria rete cloud virtuale (VCN), che funge da spoke. L'hub VCN contiene un cluster attivo/attivo della serie VM Firewall Palo Alto Networks, un gateway Internet Oracle, un gateway di instradamento dinamico (DRG), Oracle Service Gateway, gateway peering locali (LPG), load balancer flessibili interni ed esterni.

L'hub VCN si connette ai VCN spoke tramite LPG. Tutto il traffico parlato utilizza le regole della tabella di instradamento per instradare il traffico attraverso gli LPG all'hub utilizzando il load balancer di rete flessibile per l'ispezione da parte del cluster Firewall della serie VM Palo Alto Networks.

È possibile configurare e gestire localmente il firewall Palo Alto Networks oppure gestirlo centralmente utilizzando Panorama, il sistema centralizzato di gestione della sicurezza Palo Alto Networks. Panorama aiuta i clienti a ridurre la complessità e il sovraccarico amministrativo nella gestione di configurazione, criteri, software e aggiornamenti dinamici dei contenuti. Utilizzando i gruppi di dispositivi e i modelli su Panorama, è possibile gestire in modo efficace la configurazione specifica del firewall in locale su un firewall e applicare i criteri condivisi in tutti i firewall o gruppi di dispositivi.

Il seguente diagramma illustra questa architettura di riferimento.

Descrizione dell'immagine palo_alto_nlb_nw_vm_oci.png

Per ogni flusso di traffico, assicurarsi che la traduzione degli indirizzi di rete (NAT) e le politiche di sicurezza siano aperte su Palo Alto Networks VM Series Firewall.

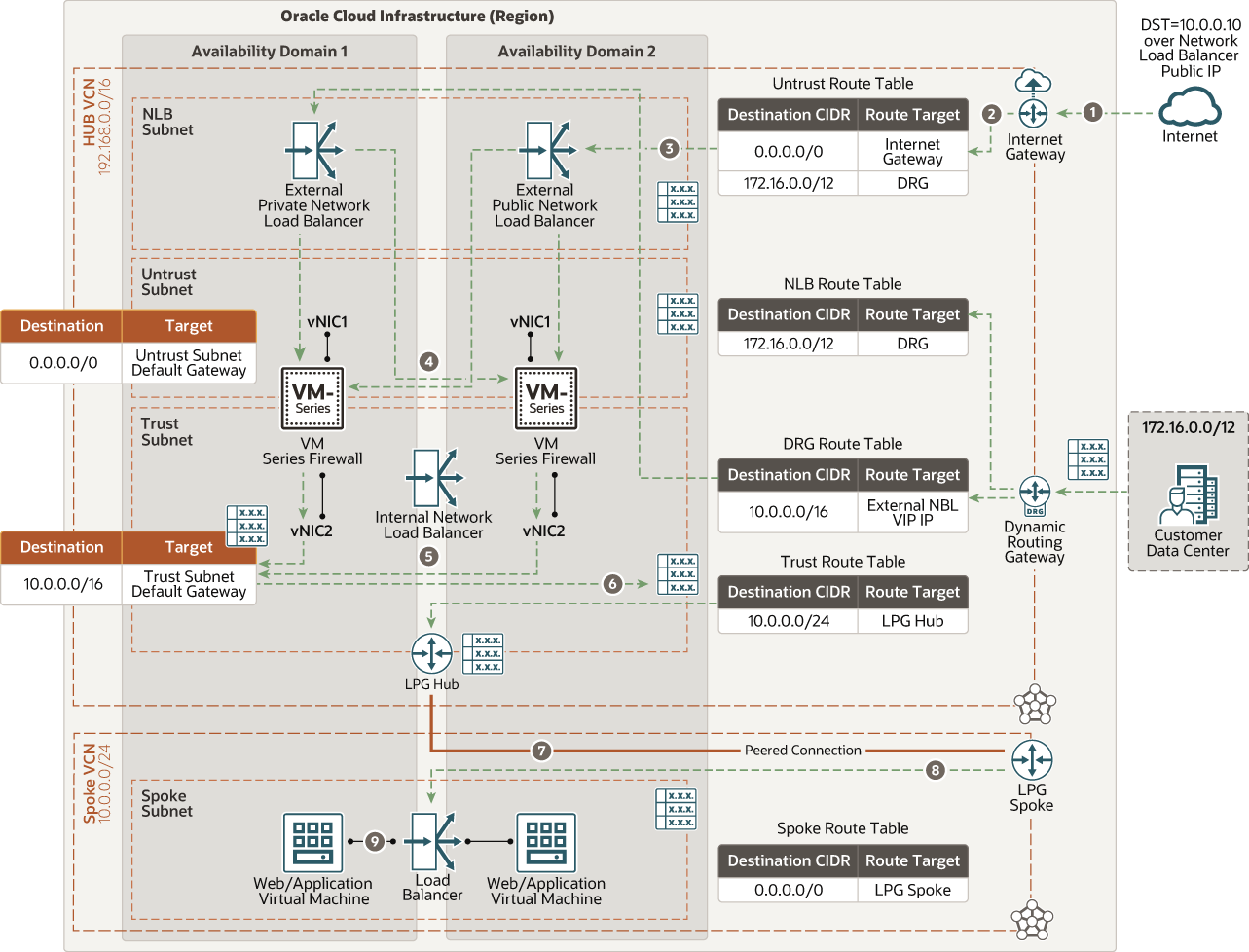

Traffico in entrata Nord-Sud

Il seguente diagramma illustra come il traffico in entrata nord-sud accede al livello dell'applicazione Web da Internet e dai data center remoti.

Descrizione dell'immagine palo_alto_nlb_north_South_inbound.png

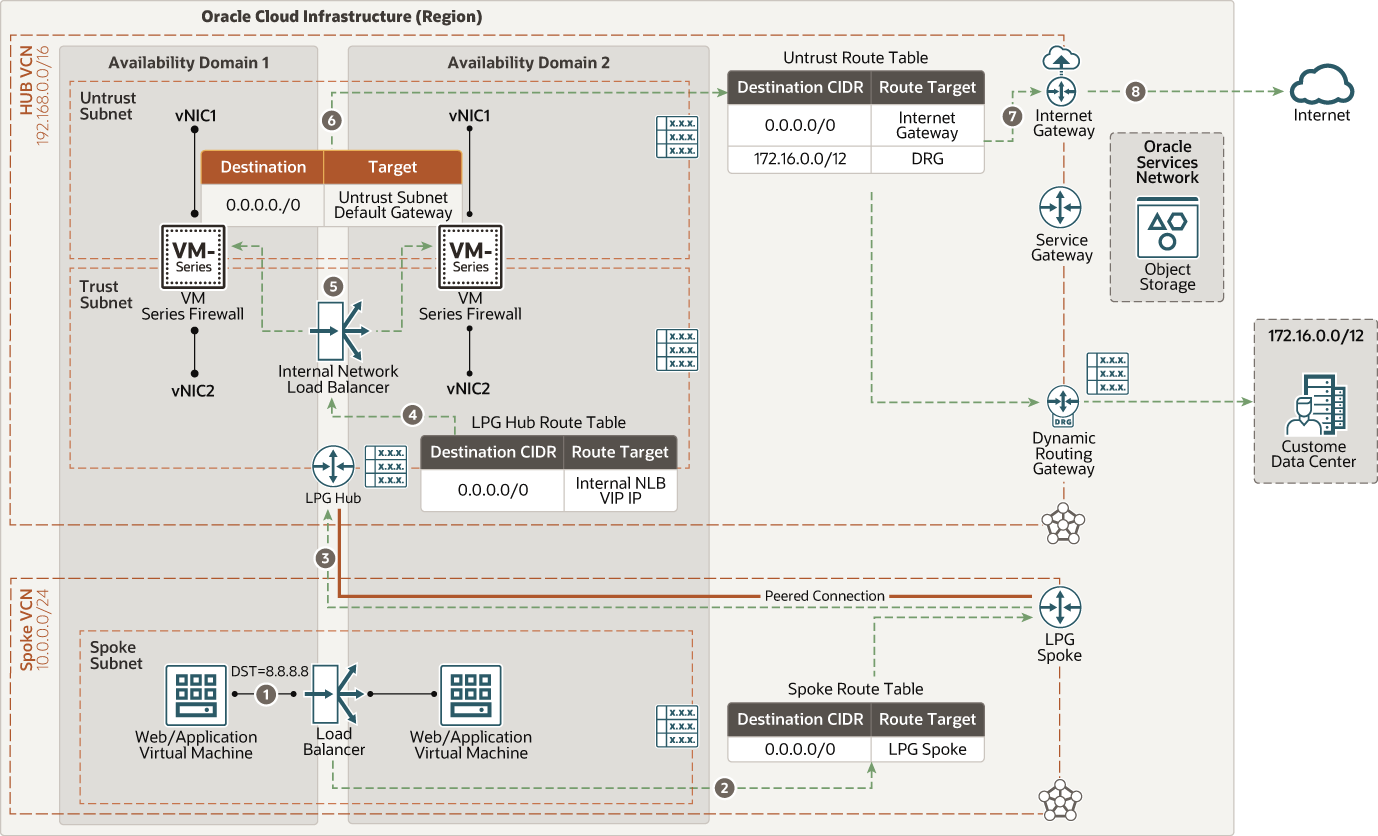

Traffico in uscita Nord-Sud

Il diagramma seguente illustra in che modo le connessioni in uscita dall'applicazione Web e dai livelli di database a Internet forniscono aggiornamenti software e accesso a servizi Web esterni.

Descrizione dell'immagine palo_alto_nlb_north_South_outbound.png

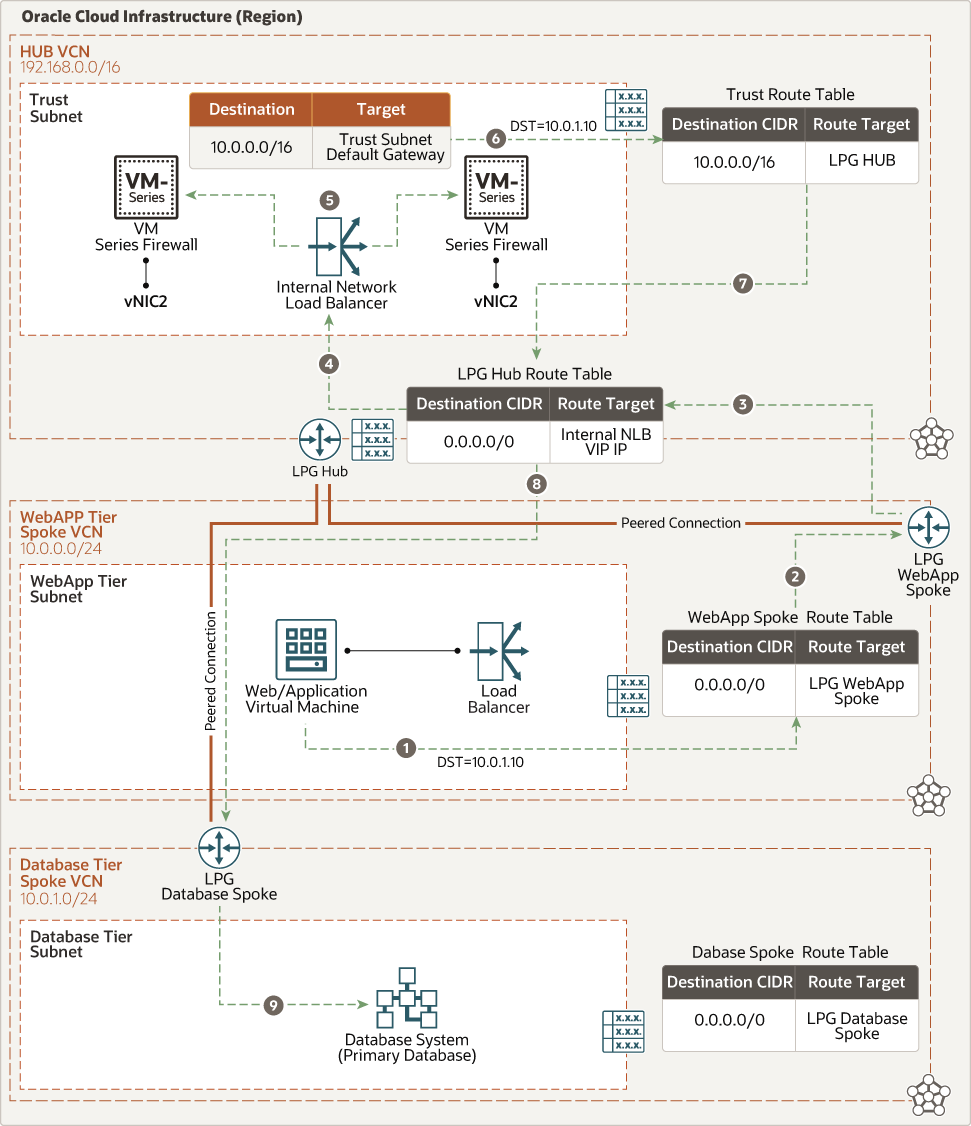

Traffico est-ovest (dal Web al database)

Nel diagramma seguente viene illustrato come il traffico passa dall'applicazione Web al livello di database.

Descrizione dell'immagine palo_alto_nlb_east_west_web_db.png

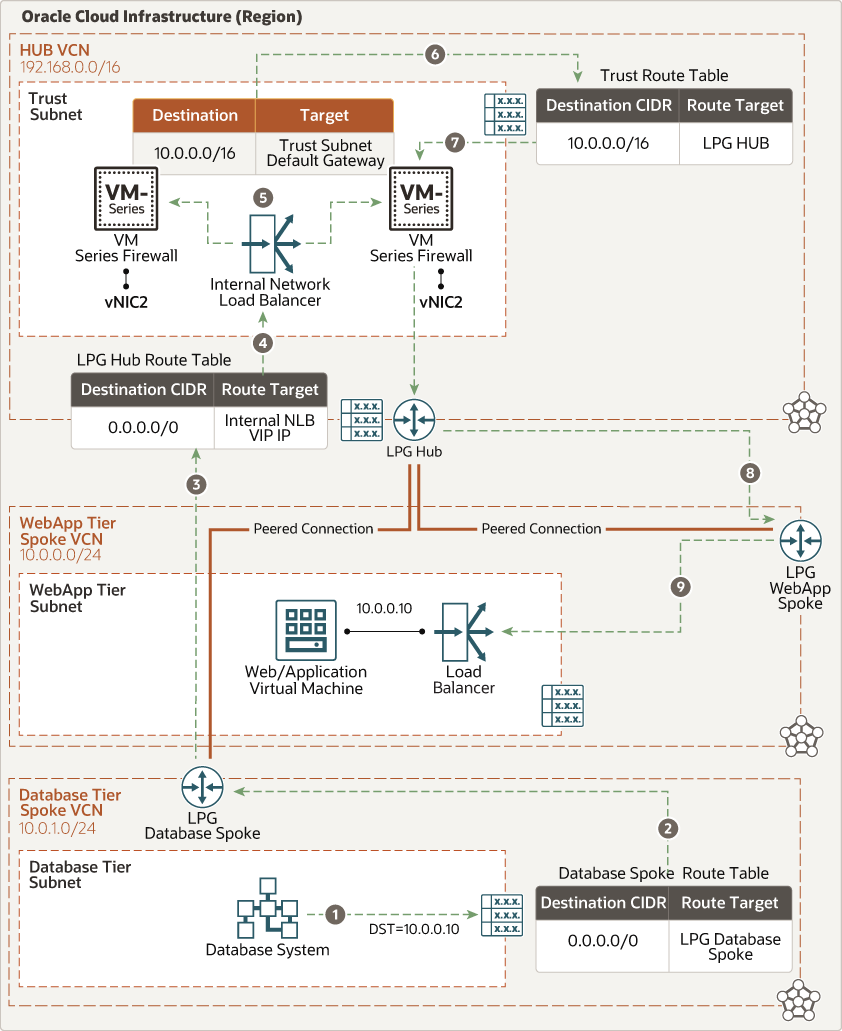

Traffico est-ovest (da database a Web)

Nel diagramma seguente viene illustrato come il traffico si sposta dal livello di database all'applicazione Web.

Descrizione dell'immagine palo_alto_nlb_east_west_db_web.png

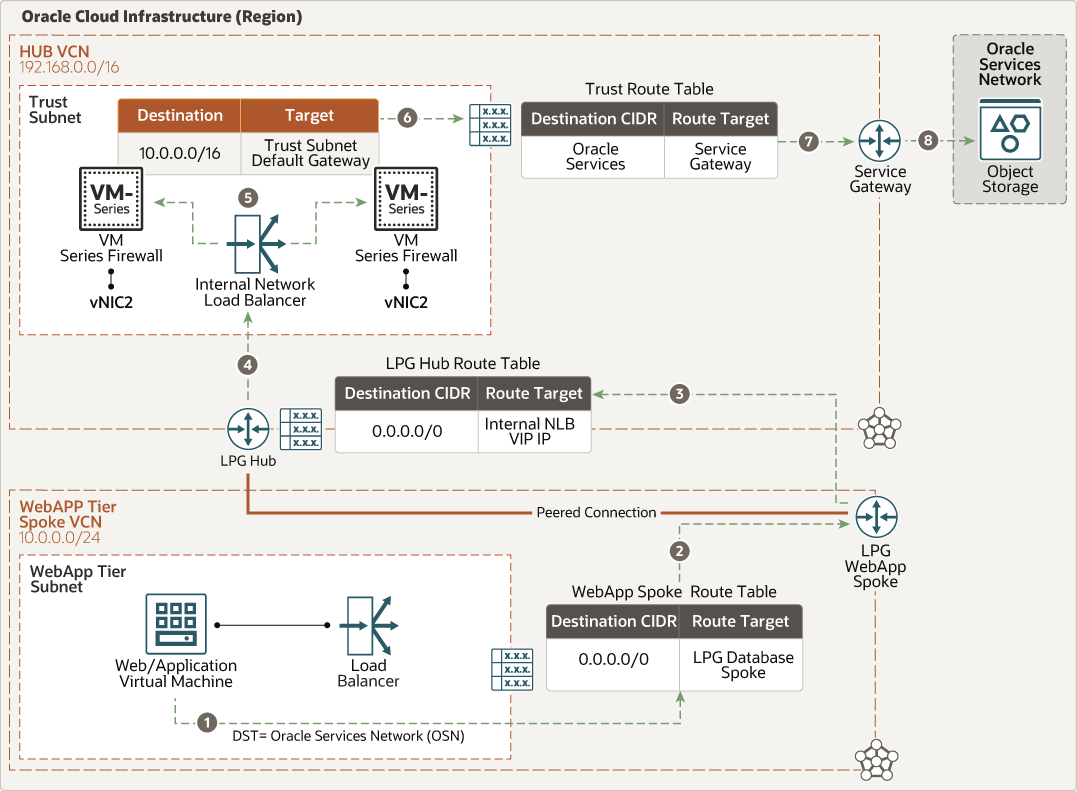

Traffico est-ovest (Web Application to Oracle Services Network)

Nel diagramma seguente viene illustrato come il traffico passa dall'applicazione Web alla rete Oracle Services.

Descrizione dell'immagine palo_alto_nlb_east_west_webapp_osn.png

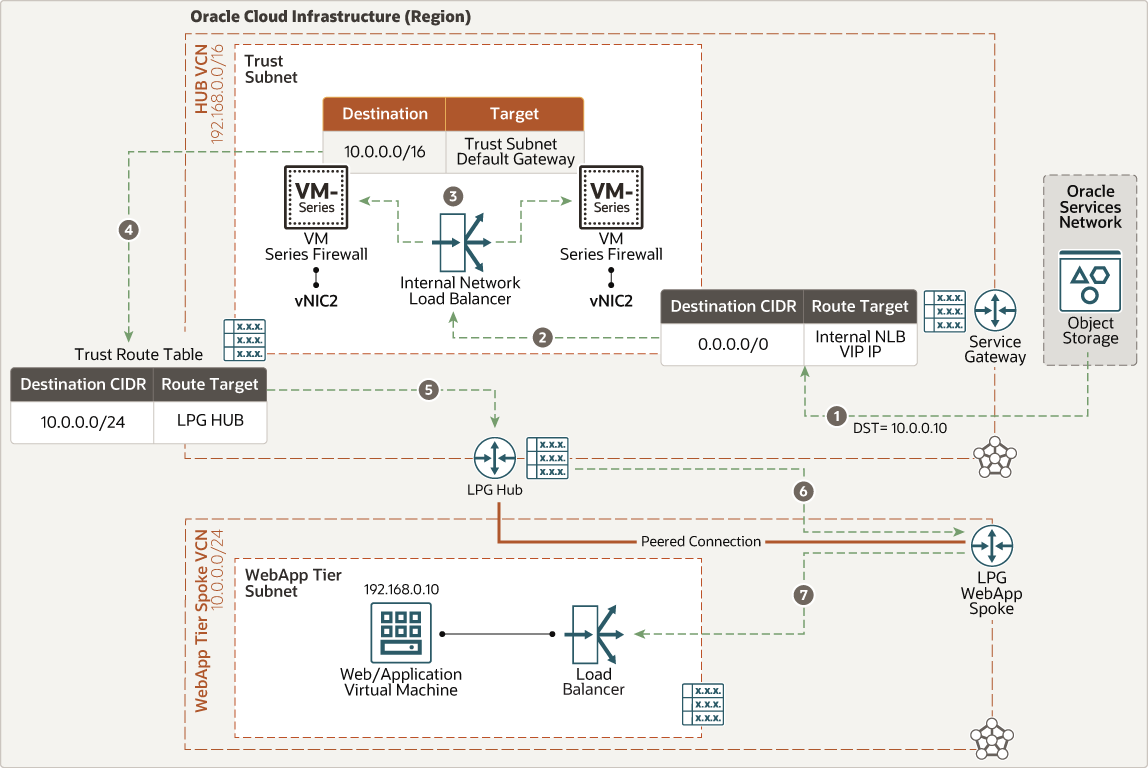

Traffico est-ovest (rete di servizi Oracle all'applicazione Web)

Nel diagramma seguente viene illustrato come il traffico passa dalla rete Oracle Services all'applicazione Web.

Descrizione dell'immagine palo_alto_nlb_east_west_osn_webapp.png

L'architettura ha i seguenti componenti:

- Firewall della serie VM Palo Alto Networks

Fornisce tutte le funzionalità dei firewall fisici di nuova generazione in una macchina virtuale (VM), fornendo sicurezza di rete in linea e prevenzione delle minacce per proteggere in modo coerente i cloud pubblici e privati.

- Area

Un'area Oracle Cloud Infrastructure è un'area geografica localizzata che contiene uno o più data center, denominati domini di disponibilità. Le regioni sono indipendenti da altre regioni, e vaste distanze possono separarle (tra paesi o addirittura continenti).

- Domini di disponibilità

I domini di disponibilità sono data center indipendenti e autonomi all'interno di un'area. Le risorse fisiche in ogni dominio di disponibilità vengono isolate dalle risorse negli altri domini di disponibilità, il che fornisce tolleranza agli errori. I domini di disponibilità non condividono infrastrutture quali l'alimentazione o il raffreddamento o la rete di dominio di disponibilità interna. È improbabile che l'eventuale guasto di un dominio di disponibilità influenzi gli altri domini di disponibilità della regione.

- Domini di guasto

Un dominio guasto è un raggruppamento di hardware e infrastruttura all'interno di un dominio di disponibilità. Ogni dominio di disponibilità ha tre domini di guasto con alimentazione e hardware indipendenti. Quando si distribuiscono risorse su più domini di guasto, le applicazioni possono tollerare guasti fisici del server, manutenzione del sistema e guasti di alimentazione all'interno di un dominio di guasto.

- Rete cloud virtuale (VCN) e subnet

Un VCN è una rete customizzabile e definita dal software impostata in un'area Oracle Cloud Infrastructure. Come le tradizionali reti di data center, i VCN consentono di controllare completamente l'ambiente di rete. Un VCN può avere più blocchi CIDR non sovrapposti che è possibile modificare dopo la creazione di VCN. È possibile segmentare un VCN in subnet, che possono essere definite in un'area o in un dominio di disponibilità. Ogni subnet è costituita da un intervallo contiguo di indirizzi che non si sovrappongono alle altre subnet in VCN. È possibile modificare le dimensioni di una subnet dopo la creazione. Una subnet può essere pubblica o privata.

- Hub VCN

L'hub VCN è una rete centralizzata in cui vengono distribuiti i firewall della serie VM Palo Alto Networks. Offre connettività sicura a tutte le VCN parlate, ai servizi Oracle Cloud Infrastructure, agli endpoint e ai client pubblici e alle reti di data center in locale.

- Il livello applicazione ha parlato di VCN

Il livello applicazione parlava di VCN contiene una subnet privata per ospitare i componenti Oracle E-Business Suite o PeopleSoft.

- Il livello di database ha parlato di VCN

Il livello di database parlato da VCN contiene una subnet privata per l'hosting dei database Oracle.

- Load balancer

Il servizio Oracle Cloud Infrastructure Load Balancing fornisce la distribuzione automatica del traffico da un singolo punto di accesso a più server nel backend.

- Bilanciatore carico di rete flessibile

Il load balancer di rete flessibile Oracle Cloud Infrastructure fornisce la distribuzione automatica del traffico da un punto di accesso a più server backend nelle reti cloud virtuali. Funziona a livello di connessione e bilancia il carico delle connessioni client in entrata ai server backend in buono stato in base ai dati Layer3/Layer4 (protocollo IP).

- Elenco sicurezza

Per ogni subnet è possibile creare regole di sicurezza che specifichino l'origine, la destinazione e il tipo di traffico che devono essere consentiti all'interno e all'esterno della subnet.

- Tabella di instradamento

Le tabelle di instradamento virtuale contengono regole per instradare il traffico dalle subnet alle destinazioni al di fuori di un VCN, in genere tramite gateway.

Nell'hub VCN sono disponibili le tabelle di instradamento riportate di seguito.

- Tabella di instradamento gestione collegata alla subnet di gestione con un instradamento predefinito connesso al gateway Internet.

- Non visualizzare la tabella di instradamento collegata alla subnet non sicura o a VCN predefinito per l'instradamento del traffico dall'hub VCN alle destinazioni Internet o on-premise.

Questa tabella di instradamento contiene anche una voce aggiuntiva che indica le subnet in locale utilizzando un gateway di instradamento dinamico. Ciò garantisce che non si verifichino interruzioni del traffico durante il supporto di traduzione dell'indirizzo di rete nativo futuro.

- Tabella di instradamento sicuro collegata alla subnet trust che punta al blocco CIDR dei VCN spoke tramite i LPG associati.

- Tabella di instradamento del load balancer di rete (NLB) collegata alla subnet NLB che punta al blocco CIDR delle subnet in locale utilizzando gateway di instradamento dinamico.

- Per ogni spoke collegato all'hub, viene definita una tabella di instradamento distinta e collegata a un GPL associato. La tabella di instradamento inoltra tutto il traffico (0.0.0.0/0) dal GPL spoke associato tramite il load balancer flessibile interno della rete oppure è possibile definirlo anche a livello granulare.

- Tabella di instradamento del gateway del servizio Oracle collegata al gateway del servizio Oracle per la comunicazione di rete Oracle Services. Questo instradamento inoltra tutto il traffico (0.0.0.0/0) all'IP VIP del load balancer interno.

- Per mantenere la simmetria del traffico, gli instradamenti vengono aggiunti anche a ciascun firewall della serie VM Palo Alto Networks per puntare il blocco CIDR del traffico spoke all'IP gateway predefinito della subnet trust (interno) (l'IP gateway predefinito disponibile nella subnet trust nell'hub VCN) e al blocco CIDR predefinito (0.0.0.0/0) che punta all'IP gateway predefinito della subnet Untrust.

- Gateway Internet

Il gateway Internet consente il traffico tra le subnet pubbliche in un VCN e Internet pubblico.

- Gateway NAT

Il gateway NAT consente alle risorse private di un VCN di accedere agli host su Internet, senza esporre tali risorse alle connessioni Internet in entrata.

- Gateway peering locale (GPL)

Un GPL consente di eseguire il peer di un VCN con un altro VCN nella stessa area. Peering significa che i VCN comunicano utilizzando indirizzi IP privati, senza il traffico che attraversa Internet o il routing attraverso la rete on-premise.

- Gateway instradamento dinamico (DRG)

DRG è un router virtuale che fornisce un percorso per il traffico di rete privata tra un VCN e una rete esterna all'area, ad esempio un VCN in un'altra area Oracle Cloud Infrastructure, una rete in locale o una rete in un altro provider cloud.

- Gateway servizio

Il gateway del servizio fornisce l'accesso da un VCN ad altri servizi, ad esempio Oracle Cloud Infrastructure Object Storage. Il traffico da VCN al servizio Oracle attraversa il tessuto di rete Oracle e non attraversa mai Internet.

- FastConnect

Oracle Cloud Infrastructure FastConnect offre un modo semplice per creare una connessione privata dedicata tra il data center e Oracle Cloud Infrastructure. FastConnect offre opzioni di larghezza di banda più elevate e un'esperienza di rete più affidabile rispetto alle connessioni basate su Internet.

- Scheda di interfaccia di rete virtuale (VNIC)

I servizi nei data center Oracle Cloud Infrastructure dispongono di schede di interfaccia di rete fisica (NIC). Le istanze della Virtual Machine comunicano utilizzando NIC virtuali (VNIC) associate alle NIC fisiche. Ogni istanza dispone di una VNIC primaria creata e collegata automaticamente durante il lancio ed è disponibile durante la vita dell'istanza. DHCP è offerto solo alla VNIC primaria. È possibile aggiungere VNIC secondarie dopo l'avvio dell'istanza. È necessario impostare IP statici per ogni interfaccia.

- IP privati

Indirizzo IPv4 privato e informazioni correlate per l'indirizzamento di un'istanza. Ogni VNIC ha un IP privato primario ed è possibile aggiungere e rimuovere IP privati secondari. L'indirizzo IP privato primario di un'istanza è collegato durante l'avvio dell'istanza e non cambia durante la vita dell'istanza. I PI secondari dovrebbero anche appartenere allo stesso CIDR della sottorete della VNIC. L'IP secondario viene utilizzato come IP mobile perché può spostarsi tra VNIC diverse su istanze diverse all'interno della stessa subnet. È inoltre possibile utilizzarlo come endpoint diverso per ospitare servizi diversi.

- IP pubblici

I servizi di rete definiscono un indirizzo IPv4 pubblico scelto da Oracle mappato a un IP privato.

- Ephemeral: questo indirizzo è temporaneo ed esiste per tutta la durata dell'istanza.

- Riservato: questo indirizzo persiste oltre la durata dell'istanza. Può essere annullata l'assegnazione e riassegnata a un'altra istanza.

- Controllo origine e destinazione

Ogni VNIC esegue il controllo di origine e destinazione sul suo traffico di rete. La disabilitazione di questo flag consente a CGNS di gestire il traffico di rete non indirizzato al firewall.

- Calcola forma

La forma di un'istanza di calcolo specifica il numero di CPU e la quantità di memoria allocata all'istanza. La forma di calcolo determina anche il numero di VNIC e la larghezza di banda massima disponibile per l'istanza di calcolo.

Suggerimenti

- VCN

Quando si crea un VCN, determinare il numero di blocchi CIDR richiesti e la dimensione di ciascun blocco in base al numero di risorse che si prevede di associare alle subnet in VCN. Utilizzare blocchi CIDR che si trovano all'interno dello spazio degli indirizzi IP privati standard.

Selezionare blocchi CIDR che non si sovrappongono a nessun'altra rete (in Oracle Cloud Infrastructure, nel data center in locale o in un altro provider cloud) a cui si intende impostare connessioni private.

Dopo aver creato un VCN, è possibile modificare, aggiungere e rimuovere i blocchi CIDR.

Quando si progettano le subnet, prendere in considerazione il flusso di traffico e i requisiti di sicurezza. Allegare tutte le risorse all'interno di uno specifico livello o ruolo alla stessa subnet, che può fungere da limite di sicurezza.

Utilizzare subnet regionali.

Verificare il numero massimo di LPG per VCN nei limiti del servizio, nel caso in cui si desideri estendere questa architettura a più ambienti e applicazioni.

- Palo Alto Reti VM-Series Firewall

- Distribuire un cluster attivo/attivo e, se necessario, aggiungere istanze aggiuntive.

- Quando possibile, distribuire in domini di errore distinti con domini di disponibilità minimi o diversi.

- Assicurarsi che MTU sia impostato su 9000 su tutte le VNIC.

- Utilizzare le interfacce VFIO.

- Gestione sicurezza firewall serie VM Palo Alto Networks

- Se si sta creando una distribuzione ospitata in Oracle Cloud Infrastructure, creare una subnet dedicata per la gestione.

- Utilizzare liste di sicurezza o NSG per limitare l'accesso in entrata alle porte 443 e 22 provenienti da Internet per l'amministrazione del criterio di sicurezza e per visualizzare i log e gli eventi.

- Palo Alto Networks VM-Series- Politiche firewall

Garantisce di aver configurato i criteri di traduzione degli indirizzi di rete richiesti abilitati nelle istanze di VM-Series Firewall. Fare riferimento alla documentazione del firewall nella sezione Esplora di più per le informazioni più aggiornate sui criteri di sicurezza, le porte e i protocolli richiesti.

Considerazioni

Durante la protezione dei carichi di lavoro di Oracle E-Business Suite o PeopleSoft su Oracle Cloud Infrastructure utilizzando Palo Alto Networks VM-Series Firewall, prendere in considerazione i seguenti elementi:

- Prestazioni

- La selezione della dimensione dell'istanza corretta, determinata dalla forma di calcolo, determina il throughput massimo disponibile, la CPU, la RAM e il numero di interfacce.

- Le organizzazioni devono sapere quali tipi di traffico attraversano l'ambiente, determinare i livelli di rischio appropriati e applicare i controlli di sicurezza appropriati, se necessario. Diverse combinazioni di controlli di sicurezza abilitati influiscono sulle prestazioni.

- Considerare l'aggiunta di interfacce dedicate per i servizi FastConnect o VPN.

- Considerare l'utilizzo di forme di calcolo di grandi dimensioni per un throughput superiore e l'accesso a più interfacce di rete.

- Eseguire test delle prestazioni per convalidare la progettazione in grado di supportare le prestazioni e il throughput richiesti.

- Sicurezza

La distribuzione di Palo Alto Networks VM-Series Firewall in Oracle Cloud Infrastructure consente la configurazione centralizzata dei criteri di sicurezza e il monitoraggio di tutte le istanze della serie VM Palo Alto Networks fisiche e virtuali.

- Disponibilità

- Distribuire l'architettura in aree geografiche distinte per la massima ridondanza.

- Configura VPN site-to-site con reti organizzative pertinenti per una connettività ridondante con reti on-premise.

- Costo

- Palo Alto Networks VM-Series Firewall è disponibile nei modelli di licenza BYOL (bring-your-own-license) e pay-as-you-go per Bundle 1 e Bundle 2 in Oracle Cloud Marketplace.

- Il bundle 1 include la licenza di capacità della serie VM, la licenza di prevenzione delle minacce e un'abilitazione al supporto premium.

- Il bundle 2 include la licenza di capacità della serie VM con la suite completa di licenze che include la prevenzione delle minacce, WildFire, il filtro URL, la sicurezza DNS, GlobalProtect e un'abilitazione di supporto premium.

- Palo Alto Networks VM-Series Firewall è disponibile nei modelli di licenza BYOL (bring-your-own-license) e pay-as-you-go per Bundle 1 e Bundle 2 in Oracle Cloud Marketplace.

Distribuisci

È possibile distribuire Palo Alto Networks VM-Series Firewall su Oracle Cloud Infrastructure utilizzando Oracle Cloud Marketplace. È inoltre possibile scaricare il codice da Github e personalizzarlo in base alle specifiche esigenze aziendali.

Oracle consiglia di distribuire l'architettura da Oracle Cloud Marketplace.

- Distribuire utilizzando lo stack in Oracle Cloud Marketplace:

- Impostare l'infrastruttura di rete richiesta come illustrato nel diagramma di architettura. Vedere Impostare una topologia di rete hub-and-spoke.

- Distribuire l'applicazione (Oracle E-Business Suite o PeopleSoft) nell'ambiente in uso.

- Oracle Cloud Marketplace dispone di più elenchi per diverse configurazioni e requisiti di licenza. Ad esempio, la funzione Elenchi riportata di seguito porta la propria licenza (BYOL). Per ogni elenco scelto, fare clic su Ottieni applicazione e seguire i prompt sullo schermo:

- Distribuire utilizzando il codice Terraform in GitHub:

- Andare al repository di GitHub.

- Duplicare o scaricare il repository nel computer locale.

- Seguire le istruzioni contenute nel documento

README.