Informazioni sull'infrastruttura per l'hosting di applicazioni SaaS a singolo tenant

Operazioni preliminari

Architettura

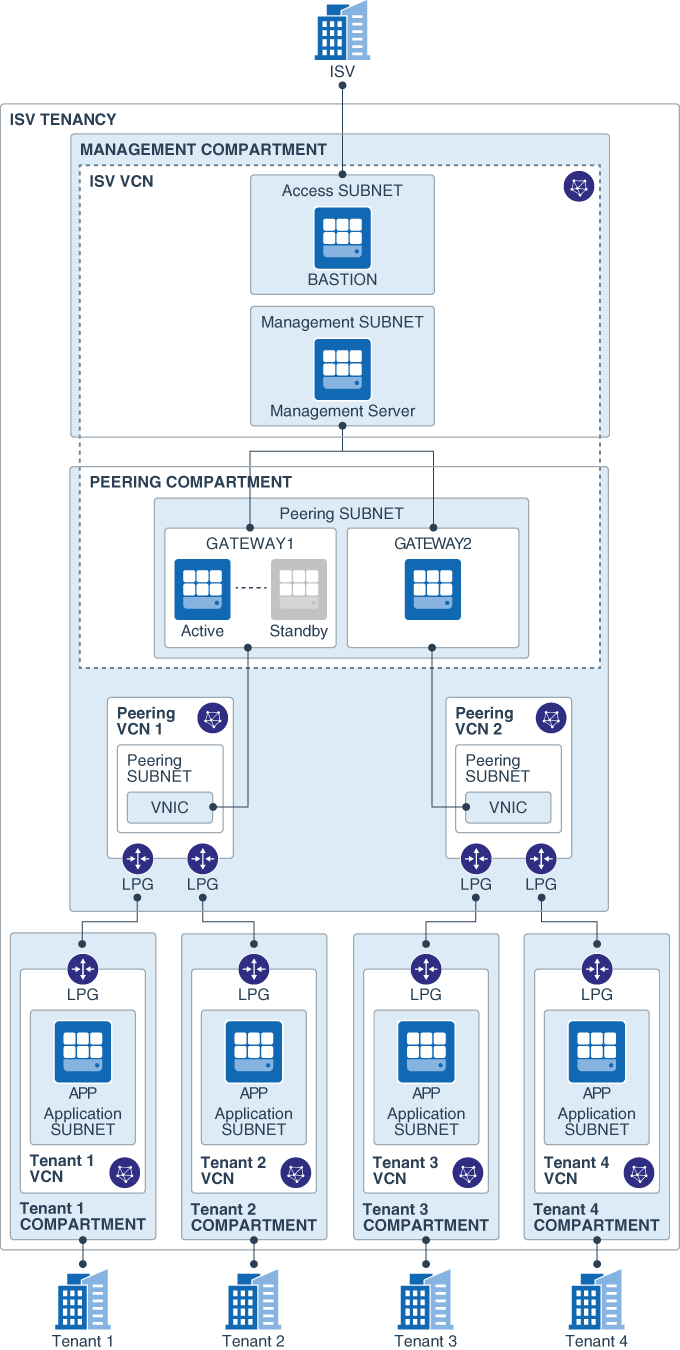

Questa architettura mostra la topologia di rete di esempio per la quale la soluzione fornisce il codice Terraform. La topologia di esempio supporta quattro tenant. Tutti i componenti della topologia si trovano in un'unica area di una tenancy Oracle Cloud Infrastructure.

L'infrastruttura di gestione del fornitore SaaS e le risorse applicative di ciascun tenant sono isolate in compartimenti separati e reti VCN (Virtual Cloud Network). L'isolamento della rete garantisce che le applicazioni e i dati siano separati dalle altre distribuzioni nella tenancy. I compartimenti garantiscono l'isolamento logico delle risorse e garantiscono il controllo dell'accesso granulare.

Questa topologia contiene i componenti riportati di seguito.

- Compartimento gestione

Il compartimento di gestione è un contenitore logico per tutte le risorse specifiche ISVm necessarie per l'infrastruttura comune utilizzata per gestire le singole distribuzioni delle applicazioni tenant. Contiene le seguenti risorse:

- ISV VCN

Le risorse necessarie per l'ISV SaaS per accedere e gestire i propri tenant sono collegate alla VCN ISV.

- Basazione

Il server bastion è un'istanza di computazione in una subnet pubblica nella VCN ISV. Il traffico tra Internet e il server bastion viene instradato attraverso un gateway Internet.

Gli utenti amministrativi di ISV possono accedere a tutte le risorse della tenancy, inclusi gli indirizzi privati delle risorse nei compartimenti tenant, tramite l'host di base. Gli utenti amministrativi dello ISV possono anche accedere alle risorse private della tenancy utilizzando un tunnel IPSec VPN o un circuito FastConnect Oracle Cloud Infrastructure.

- Management server

Management Server è un'istanza di computazione in una subnet privata. È collegato a una subnet privata nella VCN ISV. Management Server può comunicare con i server dei compartimenti tenant attraverso i gateway di instradamento.

È possibile utilizzare Management Server per installare ed eseguire un'applicazione di monitoraggio dell'infrastruttura, ad esempio Nagios Core.

- ISV VCN

- Compartimento peering

Per la comunicazione privata tra le risorse nella VCN ISV e le risorse del tenant, è necessaria una relazione di peering locale tra la VCN ISV e ciascuna VCN del tenant. Una VCN, tuttavia, può avere un massimo di 10 relazioni di peering locale. Per superare questo limite di scala, l'architettura utilizza i gateway di instradamento che possono connettersi a più VCN di peering. Ogni VCN di peering può avere una relazione di peering locale con un massimo di 10 VCN tenant. È pertanto possibile eseguire lo scale up della topologia aggiungendo gateway di instradamento e VCN di peering nel compartimento di peering.

- Subnet peering

La subnet di peering fa parte della VCN ISV. Tutti i gateway di instradamento sono collegati a questa subnet.

- Gateway di instradamento e VCN di peering

Ogni gateway di instradamento è un'istanza di computazione Oracle Linux che instrada il traffico dal management server alle VCN del tenant tramite una VCN di peering.

Per dimostrare l'alta disponibilità (HA) del gateway di instradamento, viene utilizzata una coppia attiva-passiva di istanze di computazione con un indirizzo IP mobile per uno dei gateway di instradamento. Per garantire il failover automatico, sono installati Pacemaker e Corosync. Il secondo gateway di instradamento è un'istanza singola (non HA).

La VNIC primaria di ogni istanza del gateway di instradamento è collegata alla subnet di peering nella VCN ISV.

Le istanze del gateway di instradamento utilizzano la formaVM.Standard.2.2, che supporta una VNIC secondaria. La VNIC secondaria di ogni istanza di gateway di instradamento è collegata a una subnet di una VCN di peering. Ogni VCN di peering può essere connessa a un massimo di 10 VCN tenant. Nella topologia di esempio, ogni VCN di peering è connessa a due VCN tenant.-

Utilizzando forme più grandi per le istanze del gateway di instradamento, è possibile estendere la topologia per supportare un maggior numero di VCN di peering. Ad esempio, se si utilizza la forma

VM.Standard.2.4per un'istanza del gateway di instradamento, è possibile collegare fino a tre VNIC secondarie all'istanza e connettere il gateway di instradamento al massimo tre VCN di peering. Il gateway di instradamento può pertanto supportare fino a 30 VCN tenant. Tenere presente che la larghezza di banda di rete disponibile dell'istanza del gateway di instradamento è condivisa da tutte le VNIC. -

La larghezza di banda della rete tra ciascuna VCN tenant e la VCN ISV dipende dalla forma di computazione selezionata per il gateway di instradamento. La larghezza di banda della rete disponibile è condivisa tra tutte le VNIC dell'istanza gateway. Ad esempio, se si seleziona la forma

VM.Standard2.4per l'istanza del gateway di instradamento, la larghezza di banda massima disponibile sarà di 4.1 Gbps, che viene condivisa dalla VNIC primaria e fino a tre VNIC secondarie. Prendere in considerazione questo fattore quando si decide la forma dell'istanza del gateway e il numero di VCN di peering che devono essere fornite da ogni gateway.

-

- Subnet peering

- Compartimento tenant

Le risorse per ognuno dei quattro tenant di questa topologia si trovano in un compartimento separato. Ogni compartimento tenant contiene una VCN alla quale sono collegate tutte le risorse per il tenant specifico. Pertanto, le risorse per ciascun tenant utilizzano uno spazio indirizzo univoco in una rete, isolato da tutti gli altri tenant nella topologia.

In ogni compartimento tenant viene creata un'istanza di computazione. È possibile utilizzare questa istanza per installare ed eseguire un agente di monitoraggio dell'infrastruttura. Ad esempio, se si installa Nagios Core nel management server nella VCN ISV, è possibile installare l'agente Nagios nell'istanza di computazione in ogni compartimento tenant. L'agente può monitorare i server nel compartimento e inviare le metriche al server di monitoraggio Nagios.

Quando si aggiungono nuovi tenant di applicazione, il provisioning delle risorse necessarie per il nuovo tenant viene eseguito in un nuovo compartimento.

I tenant possono accedere alla propria applicazione tramite la rete Internet pubblica o mediante una connessione privata (IPSec VPN o FastConnect). Per accedere dalla rete Internet pubblica, ogni VCN tenant richiede un gateway Internet. Per accedere mediante VPN o FastConnect è necessario un DRG. Il diagramma dell'architettura non mostra i gateway Internet e i gateway DRGs per le reti VCN tenant.

Informazioni su servizi e criteri richiesti

Questa soluzione richiede i seguenti servizi e criteri di gestione degli accessi:

| Servizio | Criteri richiesti per... |

|---|---|

| Oracle Cloud Infrastructure Identity and Access Management | Crea e gestisce i compartimenti. |

| Oracle Cloud Infrastructure Networking | Creare e gestire le reti VCN, le subnet, i gateway Internet, le tabelle di instradamento, le liste di sicurezza, i gateway LPG e i gateway DRGs |

| Oracle Cloud Infrastructure Compute | Crea e gestisce le istanze di computazione. |

Vedere Informazioni su come ottenere i servizi Oracle Cloud per Oracle Solutions per ottenere i servizi cloud necessari.