Oracle Identity Governanceとの統合

Oracle Identity Governance(OIG)と統合して、アイデンティティ・オーケストレーションを有効にし、アカウントと権限、ロール、アカウントのリコンシリエーションのオンボーディングを自動化できます。一度に統合できるアクティブなOIGアプリケーションは1つのみです。

動作保証されたコンポーネント

ターゲットシステムには、次のいずれかを指定できます。

- Oracle Identity Governance 12.2.1.4バンドル・パッチ番号11 (12.2.1.4.220703)以降。現在のバージョンのOracle Identity Governanceに互換性がない場合は、Oracle Supportに連絡してください。Oracle Identity Governanceシステムのパッチを手配できます

- Oracle Identity Governance 14.1.2.1.0以降。

前提条件

Oracle Identity Governanceソース・データは、Oracle Access Governanceの次の要件を満たす必要があります

ステップ1: アプリケーション、権限およびロールの認証可能フラグの有効化

次のように、アプリケーション、権限およびロールに対して「証明可能」フラグを選択する必要があります。

- アプリケーションおよび権限の「証明可能」フラグの選択

- Oracle Identity Governanceセルフ・サービス・アプリケーションにサインインします。

- 「管理」、「自己要求」の順に移動します

- アプリケーションを検索し、情報アイコンを選択します。

- [証明可能]フラグを選択します。

- 「ロール」では、

- Oracle Identity Governanceセルフ・サービス・アプリケーションにサインインします。

- 「管理」、「ロール」の順に移動します

- ロールを検索し、情報アイコンを選択します。

- 「カタログ属性」で、「証明可能」チェック・ボックスを選択します。

ステップ2: Oracle Identity Governanceの権限付与タイプ

Oracle Identity Governanceのユーザーには、次の権限タイプが必要です。

- アカウントおよび権限の直接プロビジョニング

- アカウントおよび権限のプロビジョニングの要求

- ターゲットからの調整済アカウントおよび権限

- バルクロードされたアカウントおよび権限

- アクセス・ポリシーに関連付けられているリクエストまたは直接プロビジョニング・ロール

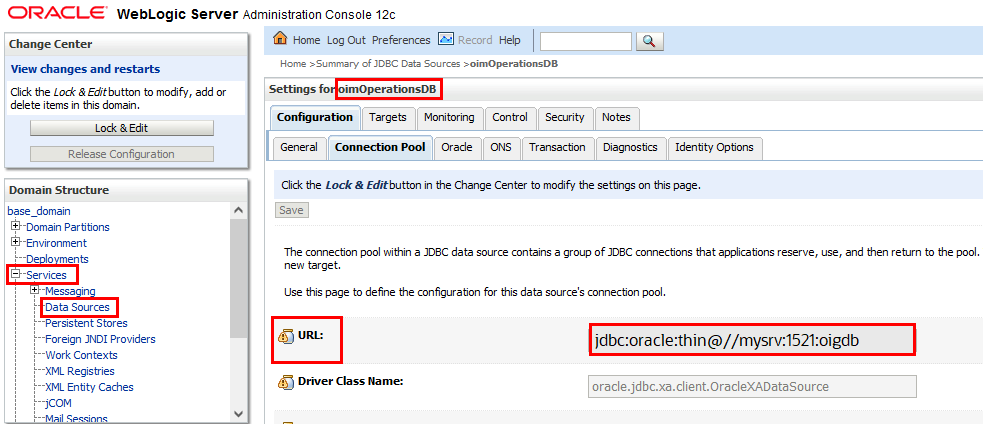

ステップ3: JDBC URLの取得

接続設定にOIGのJDBC URLが必要です。

- Oracle Identity Governanceインスタンスに関連付けられているOracle WebLogic Server管理コンソールにサインオンします。

- 「サービス」→「データ・ソース」に移動します。

- 「構成」タブからoimOperationsDBを選択します。

- 「接続プール」を選択し、「URL: 」フィールドから値をコピーして、Oracle Identity GovernanceのJDBC URLとして使用します

参照:

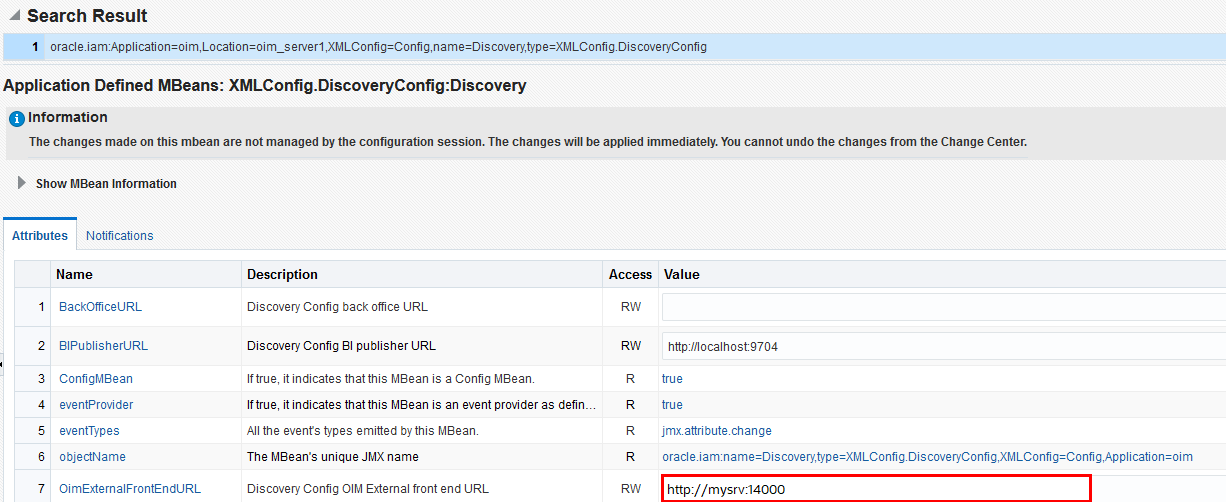

ステップ4: Oracle Identity GovernanceのサーバーURLの取得

- Oracle Enterprise Manager Fusion Middleware Controlにログオンします。

- システムMBeanブラウザに移動し、XMLConfig.DiscoveryConfig MBeanを見つけます。

- OimExternalFrontEndURL属性の値をコピーし、Oracle Identity GovernanceサーバーのURLの値として使用します。

Oracle Identity Governanceの統合の構成

You can configure Oracle Identity Governance agent to connect to Oracle Access Governance, you need to enter connection details and credentials for the target system, and build an agent specific to the environment.

「Orchestrated Systems」ページに移動します。

Oracle Access Governanceコンソールの「Orchestrated Systems」ページでは、オーケストレート済システムの構成を開始します。

システムの選択

ワークフローの「システムの選択」ステップで、Oracle Access Governanceと統合するシステムのタイプを指定できます。

「検索」フィールドを使用して、名前で必要なシステムを検索できます。

- 「Oracle Identity Governance」を選択します。

- 「次へ」を選択します。

詳細の追加

名前、説明、サポートされているモードなどの詳細を追加します。オーケストレート済システムを作成した後は、モードを編集できません。

統合により、完全なアイデンティティ・ソースとして、既存のアイデンティティのアイデンティティ属性のソースとして、または管理対象システムとして動作するようにOracle Identity Governanceを構成できます。

- 「名前」フィールドに、接続先のシステムの名前を入力します。

- 「説明」フィールドに、システムの説明を入力します。

- このオーケストレート済システムが信頼できるソースであるかどうかを判断すると、Oracle Access Governanceでは常にこのオーケストレート済システムの権限が管理されます。

-

これは私のアイデンティティの認証ソースです

次の項目から選択します。

- アイデンティティとその属性のソース: システムは、ソース・アイデンティティおよび関連する属性として機能します。このオプションを使用して、新しいアイデンティティが作成されます。

- アイデンティティ属性のソースのみ: 追加のアイデンティティ属性の詳細が取り込まれ、既存のアイデンティティに適用されます。このオプションは、新規アイデンティティ・レコードを取込みまたは作成しません。

-

これは私のアイデンティティの認証ソースです

- 「次へ」を選択します。

所有者の追加

リソースを管理するために、編成されたシステムにプライマリ所有者と追加の所有者を追加します。

- 「プライマリ所有者は誰ですか。」フィールドで、Oracle Access Governanceのアクティブ・ユーザーをプライマリ所有者として選択します。

- 「他の所有者は誰ですか。」リストで1つ以上の追加所有者を選択します。リソースに最大20人の追加所有者を追加できます。

統合設定

Oracle Identity Governanceシステムの接続詳細を入力します。

- 「OIGデータベース・サーバーのJDBC URLは何ですか。」フィールドに、接続するOIGデータベースのJDBC URLを入力します。JDBC URLを取得するには、「ステップ3: JDBC URLの取得」を参照してください。

- 「OIGデータベース・ユーザー名は何ですか。」フィールドに、OIGデータベースに接続するための読取りアクセス権を持つデータベース・ユーザーを入力します。詳細は、ステップ4: Oracle Identity GovernanceのサーバーURLの取得を参照してください

- 「パスワード」フィールドに、指定したOIGデータベース・ユーザーのパスワードを入力します。

- 「OIGサーバーのURLは何ですか。」フィールドに、統合するOIGサーバーのURLを入力します。

- 「OIGサーバー・ユーザー名は何ですか。」フィールドに、修正およびスキーマ検出に使用するOIGユーザーを入力します。修正とカスタム属性のスキーマ検出の両方をサポートするには、Oracle Identity Governanceサーバー・ユーザーがシステム管理者ロールに属している必要があります。修正のみが必要な場合、ユーザーはかわりにOrclOAGIntegrationAdminロールに属することができますが、そのユーザーのスキーマ検出が機能しません。

- 「OIGサーバー・パスワード」フィールドに、OIG APIをコールして修正を実行するときにOIGサーバー・ユーザーを認証するために入力します。

- OIGデータベース増分データ・ロードを有効化しますか。: 増分データ・ロードを実行する場合に選択します。Day-Nオプションが選択されている場合、データ・ロードでは、定期的なスナップショットとしてではなく、Oracle Access Governanceへの変更を発生時に適用するイベント駆動モードが使用されます。このオプションを選択した場合は、「イベントドリブン・データ・ロードのデータベース設定ステップ」で定義されているOIGデータベースの前提条件タスクが完了していることを確認します。ノート

このオプションを使用して、OIGからのイベントを定期的にではなくリアルタイムで表示します。たとえば、組織がOracle Access Governanceにすぐに反映する必要があるユーザーのIDを作成する場合は、このオプションを使用する必要があります。アイデンティティが追加されると、イベントは統合によって記録されず、Oracle Access Governanceと照合されます。デフォルトのスナップショット・データ・ロードでは、次にスケジュールされた実行まで新しいアイデンティティがリコンサイルされません。イベント駆動型のデータ・ロードでは、変更がリアルタイムで識別され、各イベントが発生するとOracle Access Governanceにロードされます。 - 入力した詳細が正しいことを確認し、「追加」ボタンを選択します。

- 「エージェントのダウンロード」ステップで、「ダウンロード」リンクを選択し、エージェントが実行される環境にエージェントZipファイルをダウンロードする。

完了

さらにカスタマイズを実行するか、データ・ロードをアクティブ化して実行するかの詳細を指定して、オーケストレート済システムの構成を終了します。

ワークフローの最後のステップは、「終了」です。

ワークフローの「終了」ステップで、Oracle Access GovernanceとOracle Identity Governanceの間のインタフェースに使用するエージェントをダウンロードするように求められます。「ダウンロード」リンクを選択して、エージェントが実行される環境にエージェント・zipファイルをダウンロードしてください。

エージェントをダウンロードしたら、エージェント管理の記事で説明されている手順に従います。

- システムでデータ・ロードを有効化する前にカスタマイズします

- 指定されたデフォルトで、データ・ロードのアクティブ化と準備を行います

イベントドリブン・データ・ロードのデータベース・ステップの構成

Oracle Access Governanceオーケストレート済システムを作成または更新するときに、イベントドリブン・データ・ロード・オプションを有効にできます。このオプションは、Day-Nデータ・ロードをデフォルトのスナップショットベース・モデルからイベントドリブン・モデルに切り替えます。このオプションの前提条件では、OIGデータベースに読取り専用ユーザーを作成し、必要なロールおよびシステム権限を付与する必要があります。

ユーザー・データ・ロード・フィルタでサポートされる属性

Oracle Identity Governanceからデータをオンボードするようにオーケストレート済システムを構成する場合、Oracle Access Governanceで収集するユーザー・データをフィルタできます。部門、従業員タイプ、場所などのアイデンティティ属性にフィルタを設定することで、オンボーディングするユーザーを制限できます。

ユーザー・データ・ロードのフィルタ特性

オーケストレート済システムでのフィルタの構成では、ユーザー・データ・ロード・フィルタリングの次の特性に注意してください。

- ユーザー検索フィルタとユーザー・データ値のフィルタ処理の一致では、大/小文字が区別されます。たとえば、

department = Human Resourcesのフィルタでは、department = HUMAN RESOURCESまたはDepartment = Human Resourcesの値を持つユーザーは返されません。 - ユーザー・データ・ロード・フィルタに一致するユーザーまたはアカウントがない場合、Oracle Access GovernanceによってOracle Identity Governanceからデータは取り込まれません。ただし、この場合、IDやアカウントがオンボーディングされていなくても、データ・ロード自体はアクティビティ・ログで成功とラベル付けされます。

- 特定のフィルタ属性のユーザー・データ・ロード・フィルタ値は1000を超えることはできません。

- エージェントがすでにインストールされている場合は、ユーザー・データ・ロード・フィルタを有効にするためにエージェントのアップグレードが必要です。エージェントのアップグレード方法の詳細は、エージェントの使用例を参照してください。

ユーザー・データ・ロード・フィルタでサポートされる属性のリスト

次の属性に基づいて、Oracle Identity Governanceから取り込まれたユーザーをフィルタできます。

| Oracle Access Governance属性名 | Oracle Identity Governance属性名 |

|---|---|

| employeeType | usr_emp_type |

| jobCode | usr_job_code |

| 部門 | usr_dept_no |

| 場所 | usr_location |

| 国家 | usr_state |

| postalCode | usr_postal_code |

| 国 | usr_country |

| managerUid | usr_manager_key |

| managerLogin | usr_login (マネージャのusr_login) |

| organizationUid | act_key |

| organizationName | act_name act表のact_name |

| territory | usr_territory |

ユーザー・データ・ロード・フィルタの例

| ユースケース | 構成パラメータ |

|---|---|

|

department=Product Developmentのユーザー および jobCode=IC004またはM0003 |

|

|

state =Kentのユーザー および organizationUid=1または4 |

|

|

postalCode = 78045または12204のユーザー カスタム・デリミタ##を使用 |

|

|

managerUid = 17981または17854 を持つユーザー managerLogin = DINORAH.PREWITTまたはJOELLA.SHANNON |

|

フィルタ値の名前とフィルタの値は両方とも大/小文字が区別されます。例を使用すると、次のいずれかのフィルタが無効になり、結果は返されません。

- 例1:

- userFilter1Name=MANAGERUID

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- 例2:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=Dinorah.Prewitt~SHIRLEY.THOMAS

- 例3:

- USERFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- userFilter2Value=DINORAH.PREWITT~SHIRLEY.THOMAS

- 例4:

- userFilter1Name=managerUid

- userFilter1Value=17981~17854

- userFilter2Name=managerLogin

- USERFILTER2VALUE=DINORAH.PREWITT~SHIRLEY.THOMAS

Oracle Identity Governanceオーケストレート済システムでサポートされている構成モード

オンボーディング・アイデンティティ、アイデンティティ属性およびプロビジョニング・アカウントの要件に応じて、様々な構成モードを設定できます。

Oracle Identity Governanceでは、次のものがサポートされています。

- (Authoritative - Source of Identity)と管理対象システムの両方

- (Authoritative - Source of Identity Attribute)と管理対象システムの両方

- 管理対象システムのみ

意図しないデータ損失を防ぐための安全性チェック

安全性チェックを設定して、Oracle Access Governanceで偶発的または意図しないデータ損失を防止します。

デフォルト照合ルール

アカウントをアイデンティティにマップするには、次の一致ルールを適用します。

| モード | デフォルト照合ルール |

|---|---|

| 認可ソース | User login = Employee user name |

| 管理されたシステム | サポートされていません。照合はUIDに基づきます。 |

から、「サービス管理」→「オーケストレーションされたシステム」を選択します。

から、「サービス管理」→「オーケストレーションされたシステム」を選択します。