Oracle Access Governanceを使用したイベントベースのアクセス・レビューの実装

イントロダクション

Oracle Access Governanceは、高度なセキュリティの脅威や規制の増加に対処するために、セキュリティ所有者が直面する増大する課題に対処します。このクラウドネイティブ・ソリューションは、多くのアプリケーション、ワークロード、インフラストラクチャおよびアイデンティティ・プラットフォームにわたるガバナンスおよびコンプライアンス要件を満たすのに役立ちます。

イベント・ベースのアクセス・レビューは、事前定義された1つ以上のイベント・タイプが発生したときにOracle Access Governanceによって実行されるアクション指向のアクセス・レビューです。ジョブコードの変更や場所の変更などのイベントが発生すると、イベントベースのアクセス・レビュー機能によって、影響を受けるユーザーまたはアプリケーション・ロール、権限または資格の確認、認証または修正がレビュー担当者に役立ちます。

Oracle Access Governanceの詳細は、次を参照してください。

- Oracle Access Governance製品ページ

- Access Governanceサービス・ガイド

- Access Governanceの製品ドキュメンテーション

- Access Governance API

- Oracle Access GovernanceのFAQ

目的

このチュートリアルでは、次の操作を学習します。

- イベント・ベースのアクセス・レビューの有効化と構成

- イベント・ベースの設定で発生したアクセス・レビュー・タスクの確認

- イベントベースのアクセス・レビューの管理と監視

- 複数のイベント・ベースのアクセス・レビューの理解

対象読者

このチュートリアルは、イベント・ベースのアクセス・レビュー・キャンペーンの構成と、イベント・ベースのアクセス・レビューで情報に基づいた決定を行うことができるように、アクセス・ガバナンス管理者向けに特別に設計されています。

前提条件

次が必要です。

- AG管理者権限を持つOracle Access Governanceサービス・インスタンス。詳細は、アプリケーション・ロールの理解を参照してください。

- ユーザー管理者権限を持つOracle Identity Governance (OIG)インスタンスにアクセスします。これにより、OIG製品スイートの一部であるIdentity Self Serviceポータルに自動的にアクセスできます。

- 次のチュートリアルを完了しました:

- 次のトピックを読んで理解します。

チュートリアルのシナリオ

Acme Corporationは、アイデンティティ管理およびガバナンス・ソリューションとしてOIGおよびアクセス・ガバナンスを使用しています。

Acme社の従業員であるEmaは、同じ「品質保証」組織内の別のチームまたはプロジェクトに移行しました。彼女は以前、QAのリーダーであるジェリー・ポーランドに報告したが、今ではベティ・クックに報告することを始める。その結果、HRはHCMの対応するレポート・マネージャの変更を更新する必要があります。アイデンティティの観点から、Emaでは、Jerryの直属の部下が必要とするアクセス権限は不要になりましたが、Bettyのチームが使用する新しいアクセス権限が必要です。このようなイベント・タイプの発生時にイベント・ベースのアクセス・レビューがどのように呼び出されるかを見て、レビュー担当者が情報に基づいた意思決定を行うのを支援します。

アクター

このチュートリアルには、次のアクターが含まれています。

- アクセス・ガバナンス管理者およびユーザー・マネージャとしてのBetty Cook。イベント・ベースのアクセス・レビューの構成、イベント・ベースのタスクの確認、アクセス・レビューの実行を行います。

- アイデンティティ・セルフサービス・ポータルでユーザー属性を更新するOIGユーザー管理者としてJohn Edward。

ノート: これは、研修目的でのみ使用されるモックアップ割当です。このチュートリアルで使用するアクターは架空のものであり、実際のアイデンティティを表していません。モック・データ・セットを使用して、ディスカッションのトピックを説明します。

シナリオ・ワークフロー:

- このチュートリアルでは、最初にBetty CookとしてOracle Access Governanceコンソールにログオンします。

- 直属部下のアクセス権を表示します。

- 次に、イベントベースのアクセスレビューを構成します。

- その後、ユーザー管理者、Johnとしてアイデンティティ・セルフサービス・ポータルにログインし、必要なユーザー属性を変更します。

- BettyとしてOracle Access Governance Consoleに再度ログオンして、OIGからオンデマンド増分データ・ロードを実行します。

- 最後に、イベント・ベースの設定で発生したアクセス・レビュー・タスクを調べることができます。

タスク1: ユーザーとしてのOracle Access Governanceコンソールへのサインイン

- ブラウザから、Oracle Access Governance Consoleに移動します。

- 「ユーザー名」フィールドに、usernameと入力します。

- 「パスワード」フィールドにパスワードを入力し、「サインイン」を選択します。

Oracle Access Governanceコンソールのホーム・ページにナビゲートされます。

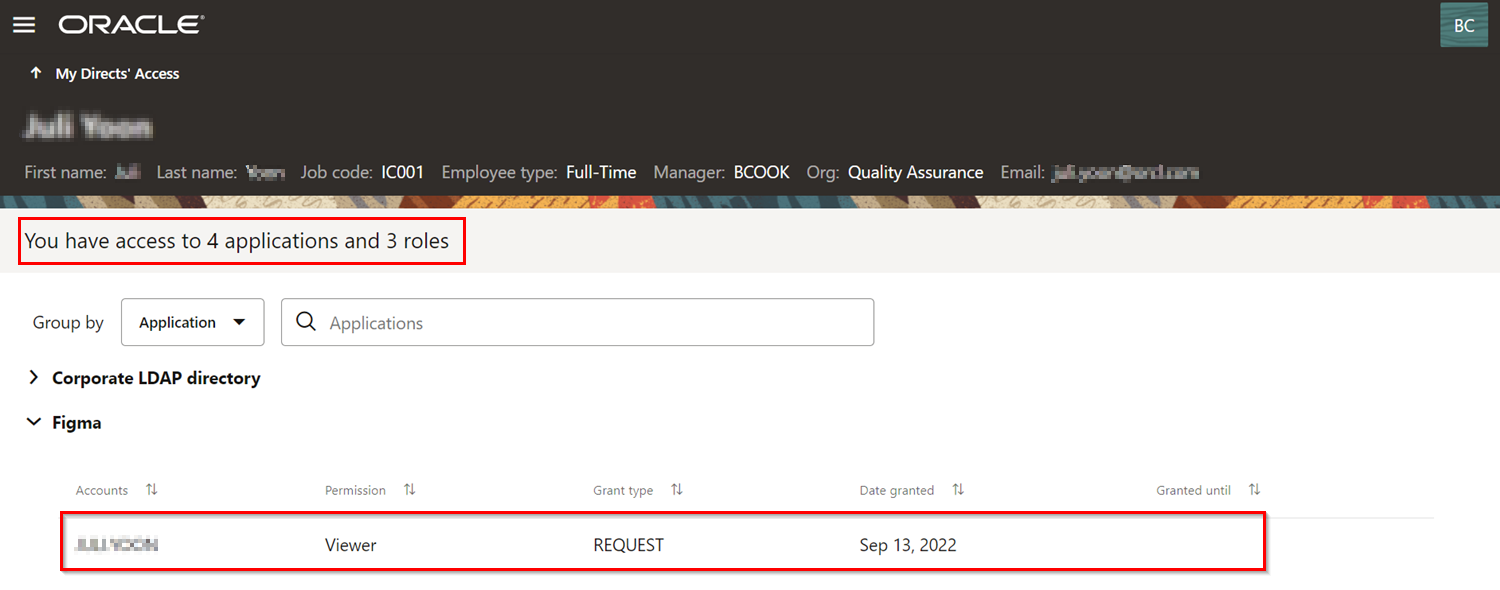

タスク2: ユーザー・マネージャへの直属の部下のアクセス権の表示

- ナビゲーション・メニューから、「誰が何にアクセスできるか」→「自分の直属のアクセス権」を選択します。

- 直属の部下に割り当てられた「アプリケーション」、「ロール」および「権限」を参照してください。

このチュートリアルでは、Bettyの直属の部下には、Figmaアプリケーションに対する表示専用アクセス権限があります。

タスク3: イベントベースのアクセス・レビューの有効化および構成

直属の部下のアクセス権を確認しました。イベントベースのアクセス・レビューを有効にする方法を見てみましょう。

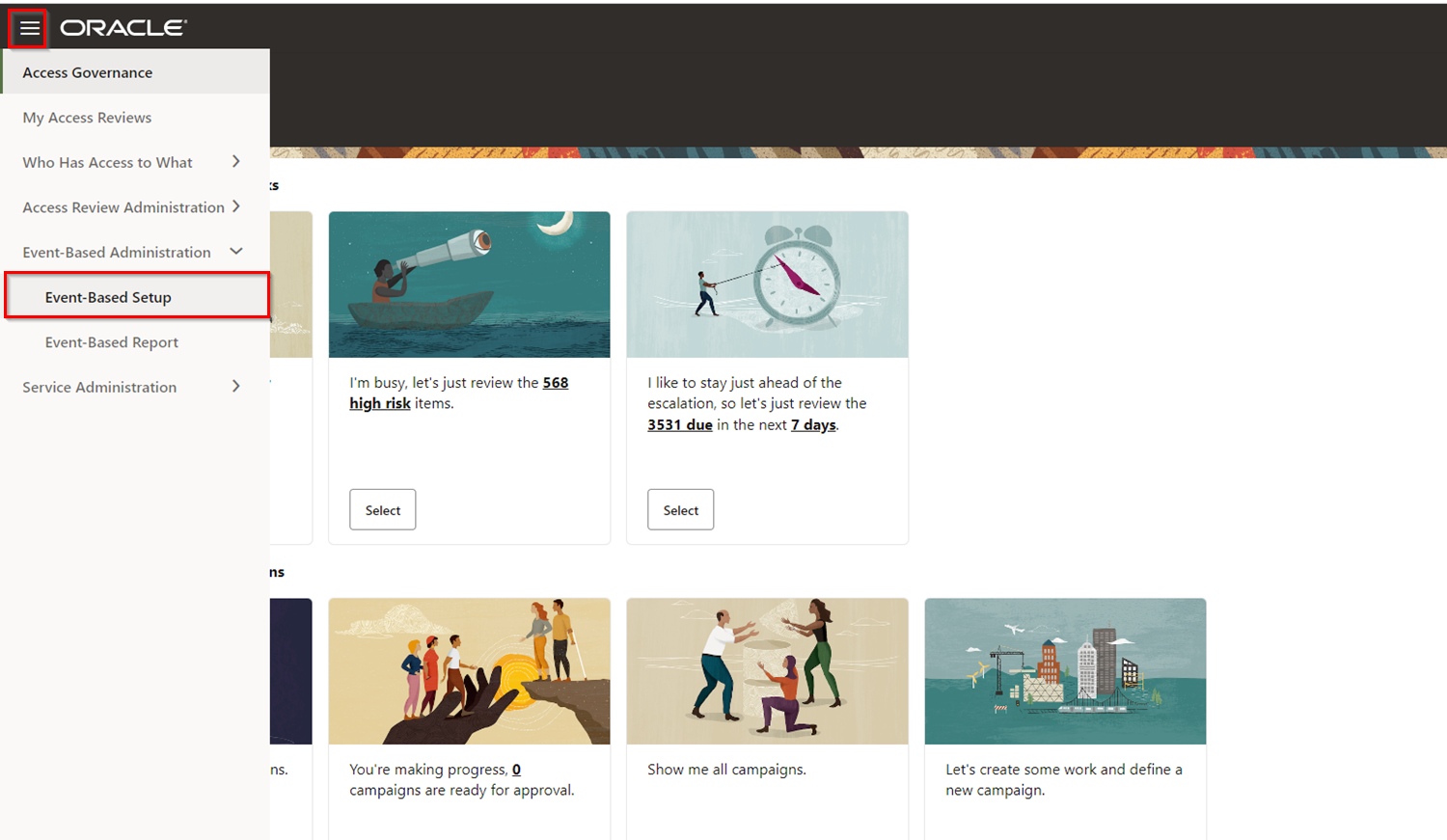

-

Oracle Accessガバナンス・コンソールのホームページで、ナビゲーション・メニューから「イベントベース管理」→「イベントベース設定」を選択します。

図NavigateEventBasedReview.pngの説明

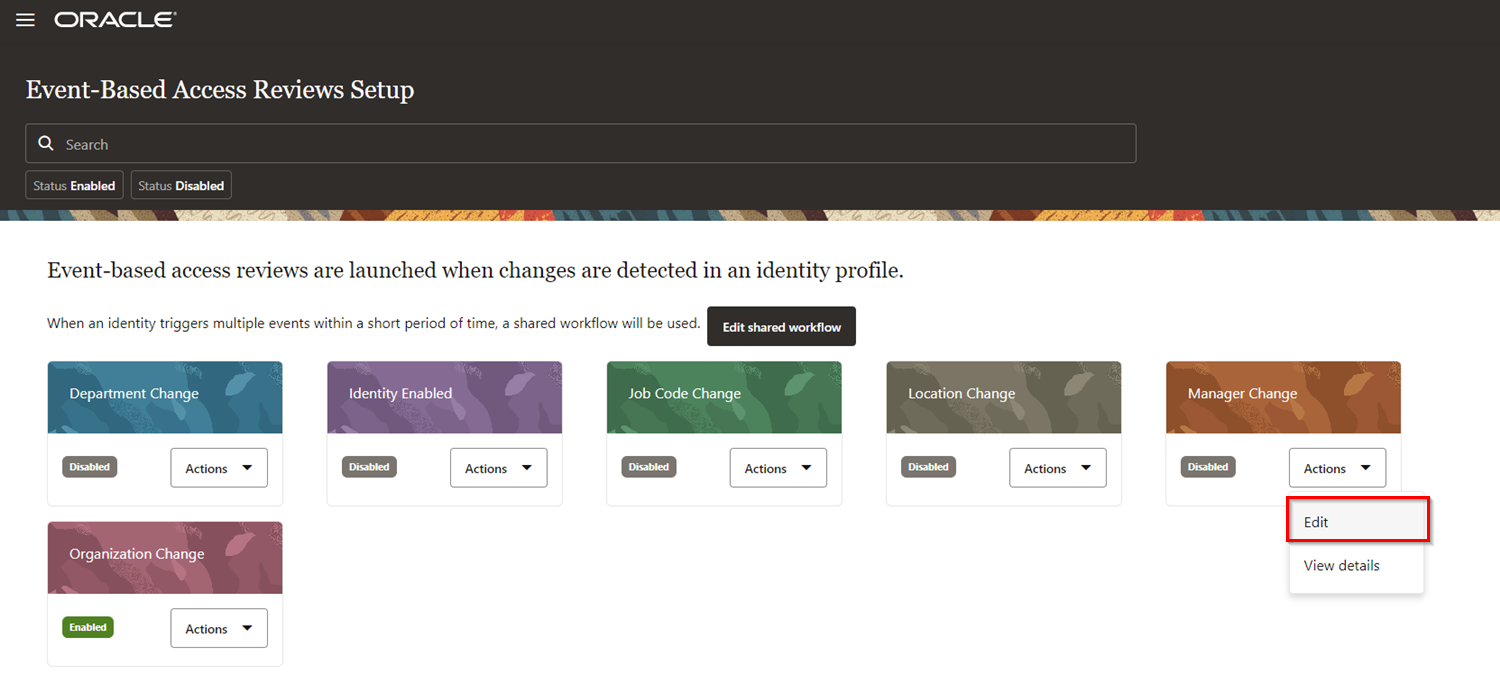

「イベントベースのアクセス・レビュー設定」ページが表示されます。デフォルトでは、イベントベースのアクセスレビューは無効にされています。

-

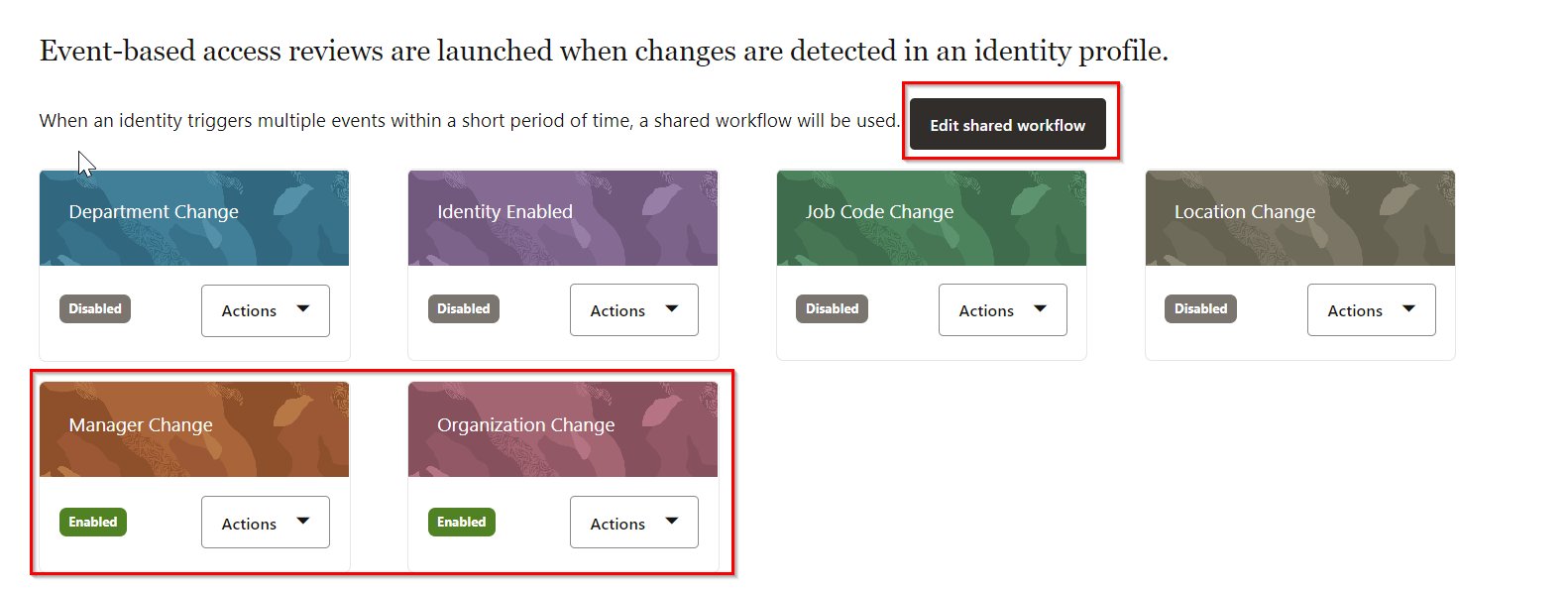

イベント・ベースのアクセス・レビューを有効にするには、イベント・タイプに対して「アクション」を選択し、「編集」を選択します。このチュートリアルでは、「マネージャ変更」を有効にします。

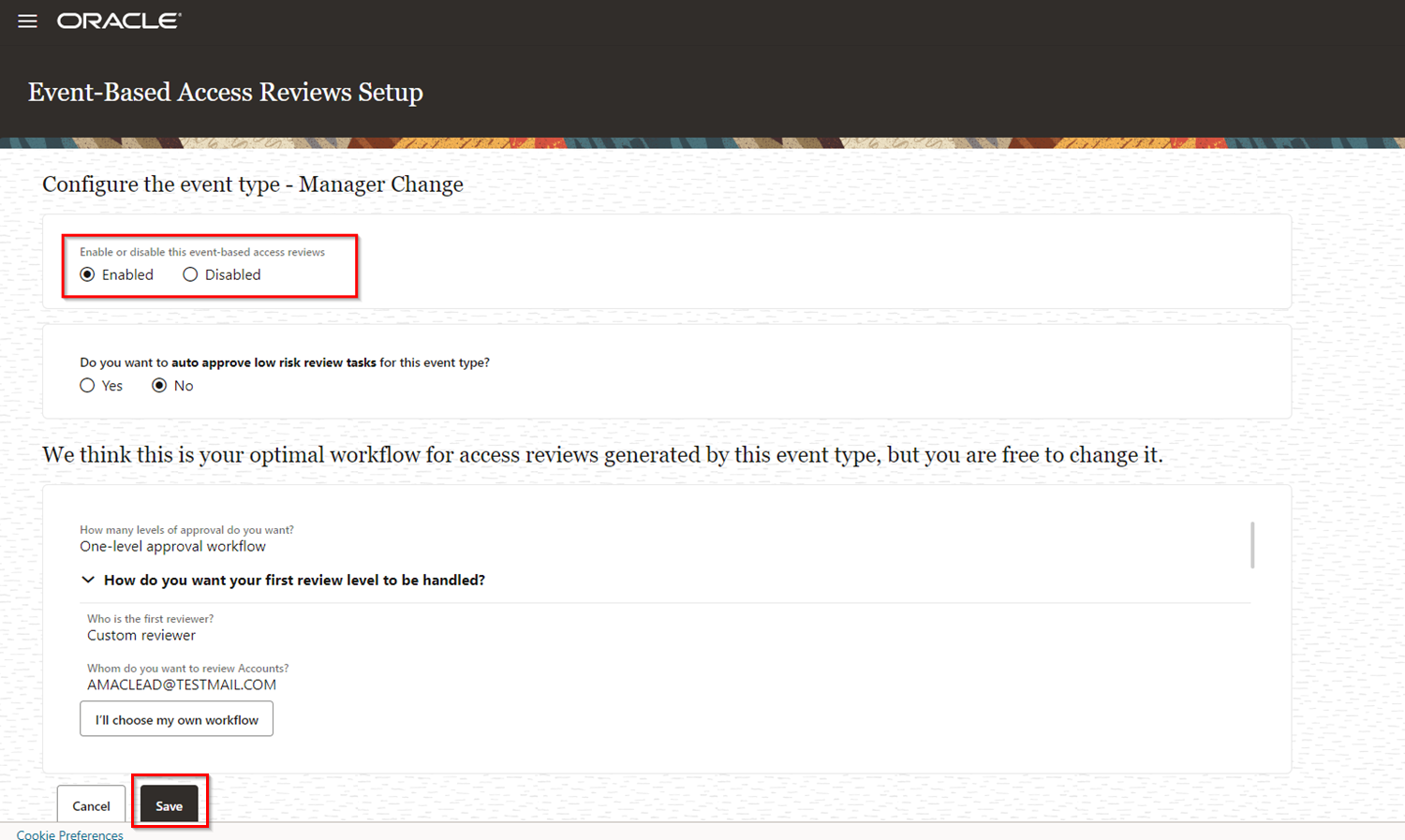

「イベント・タイプの構成- マネージャ変更」ページが表示されます。

-

このページでは、イベント・ベースのアクセス・レビューの有効化、低リスク・タスクの自動承認、レビュー・レベル数、期間およびレビューを実行するユーザーによるレビューのワークフローの定義を行うことができます。このチュートリアルでは、このイベントベースのアクセス・レビューのみを有効にします。

-

「このイベントベースのアクセス・レビューの有効化または無効化」で、「有効」、「保存」の順に選択します。

マネージャ変更のイベントベース・アクセス・レビューは正常に有効化されました。複数のイベントを有効にし、アイデンティティの共有ワークフローを選択することもできます。詳細は、「特殊ケース: イベント・ベース設定での複数イベント・アクセス・レビュー・タスクの理解」を参照してください。

タスク4: アイデンティティ・ポータルでのユーザー属性変更の更新

仮定: このチュートリアルでは、OIGのアイデンティティ・セルフサービス・ポータルで直接変更を行い、ユーザー属性を更新します。ただし、実際の実装では、接続されているHCM(たとえば、PeopleSoft)の変更を同期できます。アクセス・ガバナンスは、OIGから接続されたシステムのデータ変更を同期できます。

-

ユーザー管理者としてIdentity Self Serviceにサインインします。

-

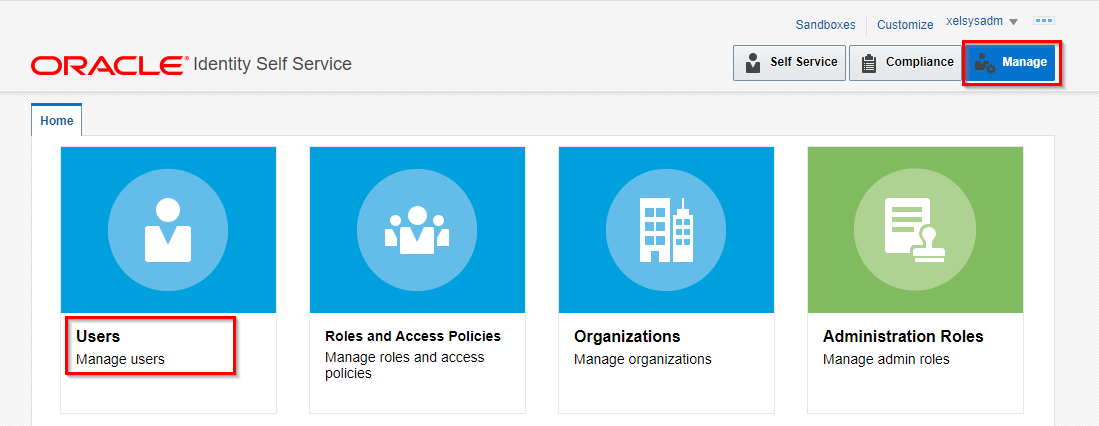

「管理」 - > 「ユーザー」に移動します。「Manage users」を選択します。

-

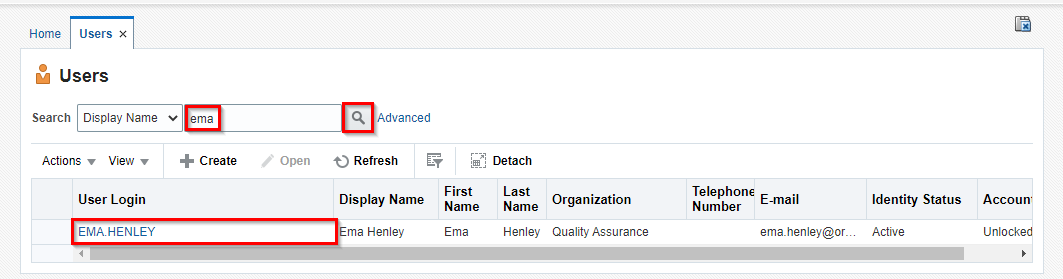

ユーザー詳細を更新する必要があるユーザー名を検索します。このチュートリアルでは、「Ema」と入力し、「検索」アイコンをクリックします。

-

「処理」→「変更」をクリックします。

-

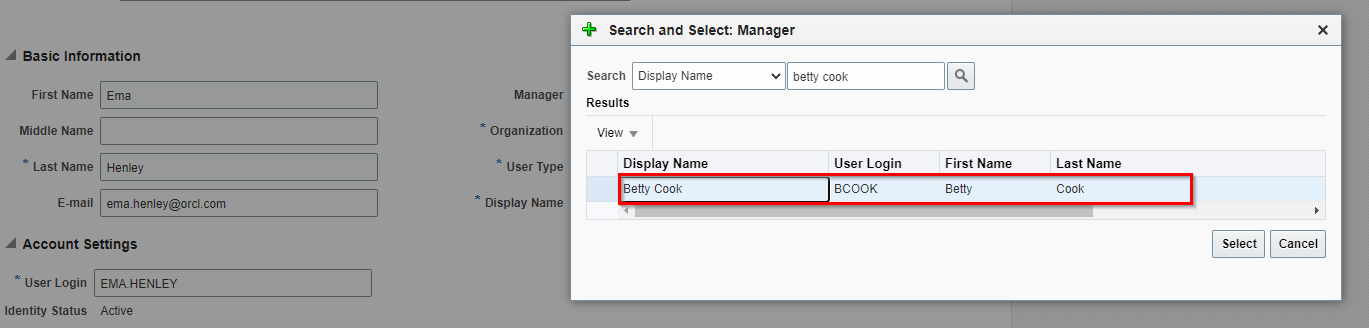

「基本情報」セクションで、マネージャ名を更新します。このチュートリアルでは、「マネージャ」フィールドで、「Betty Cook」を見つけて選択します。

-

「発行」をクリックします。

承認後、ユーザー属性は正常に更新されます。

タスク5: OIGからのオンデマンド増分データ・ロードの実行

-

Oracle Accessガバナンス・コンソールにAG管理者としてログオンします。このチュートリアルでは、Betty Cookとしてログオンします。

-

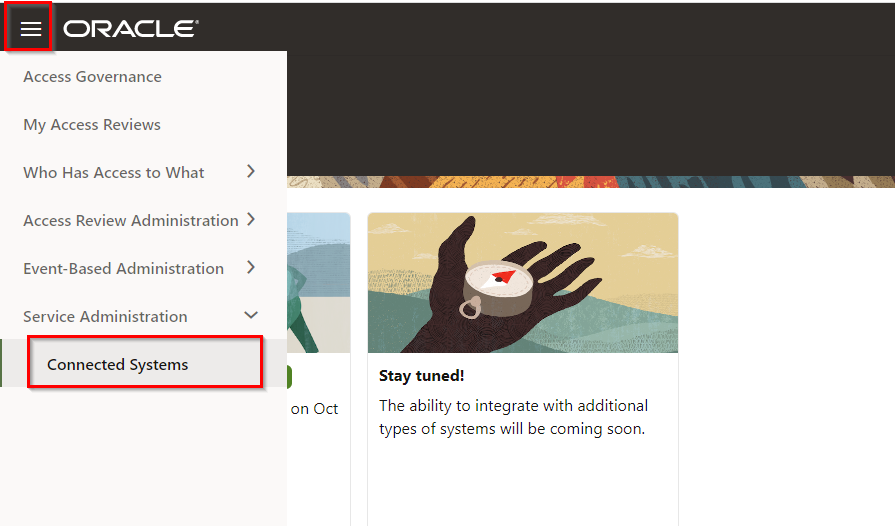

Oracle Access Governanceコンソールのホームページで、ナビゲーション・メニューから「サービス管理」 - > 「接続されたシステム」を選択します。

-

「OIG接続」タイルで「管理」を選択します。

-

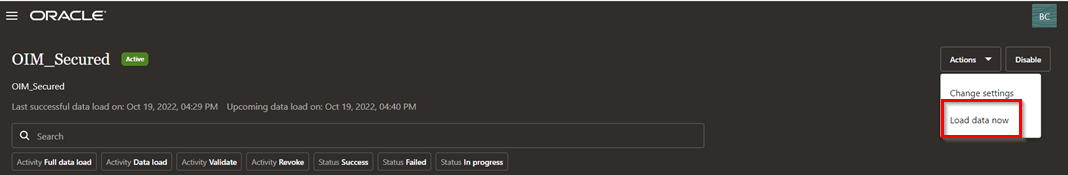

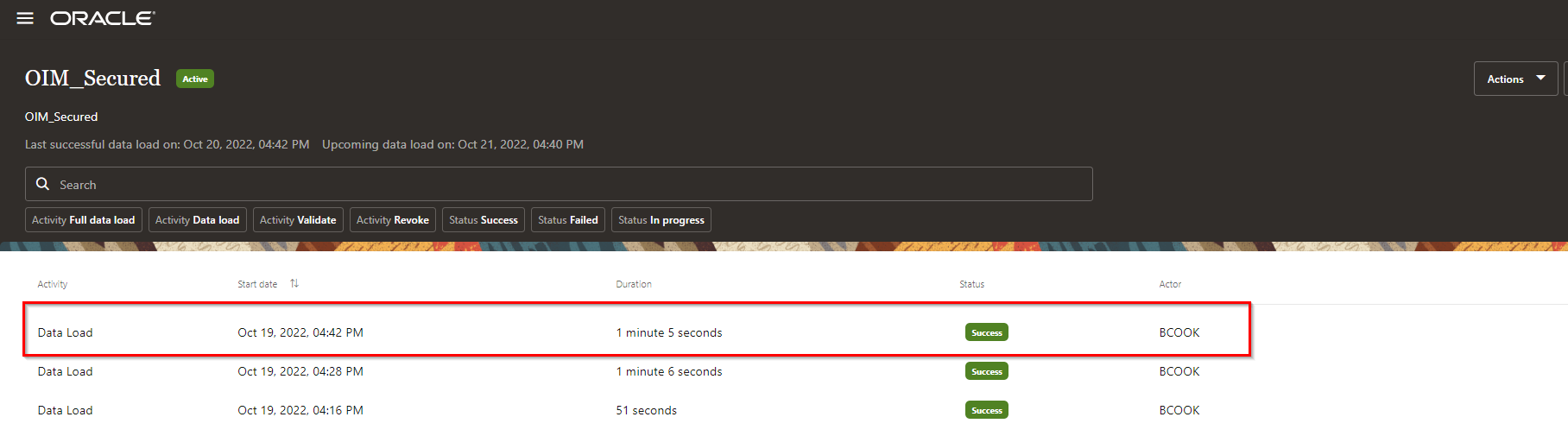

右方向に「アクション」を選択し、「今すぐデータをロード」を選択します。

新しいデータ・ロード・アクティビティは数秒以内に開始されます。データ・ボリュームによっては、データ・ロードが完了するまでに数分かかります。完了すると、「ステータス」列が「進行中」から「成功」に変わります。

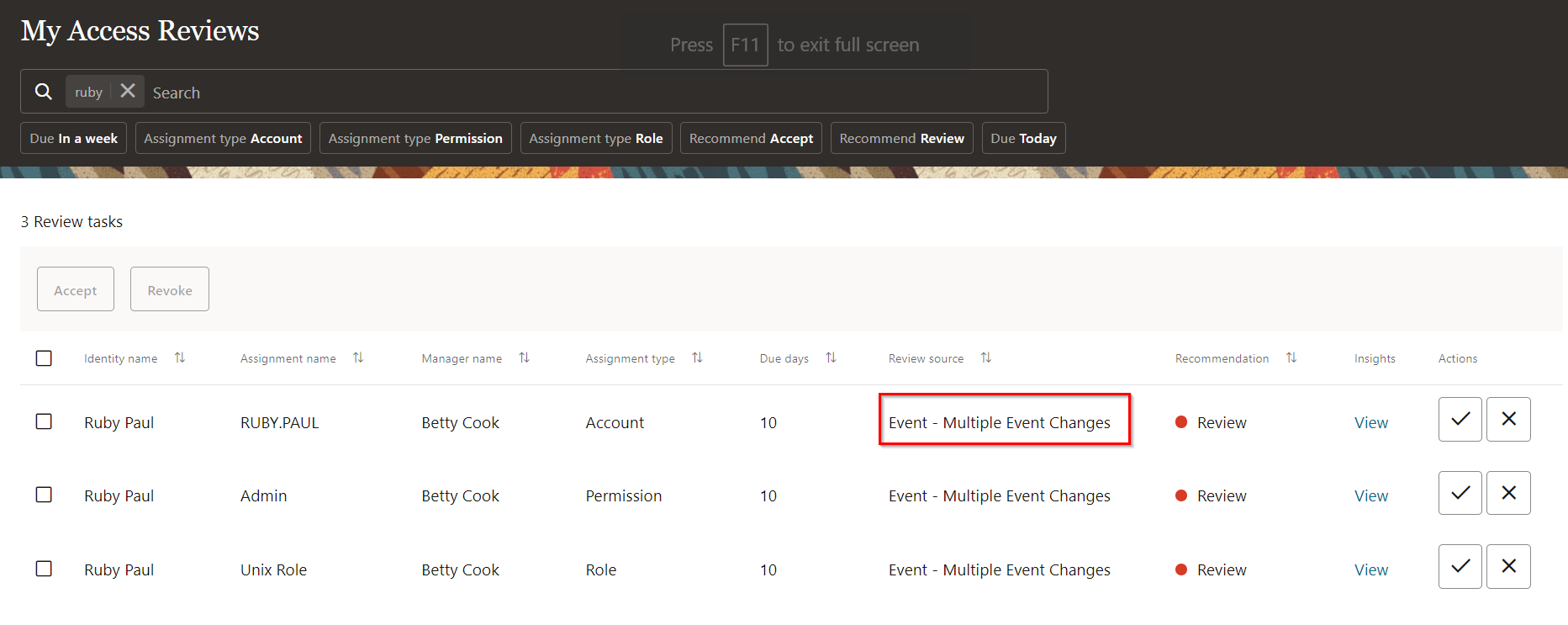

タスク6: イベント・ベースの設定で発生したアクセス・レビュー・タスクの確認

-

ナビゲーション・メニューから、「マイ・アクセス・レビュー」に移動します。

-

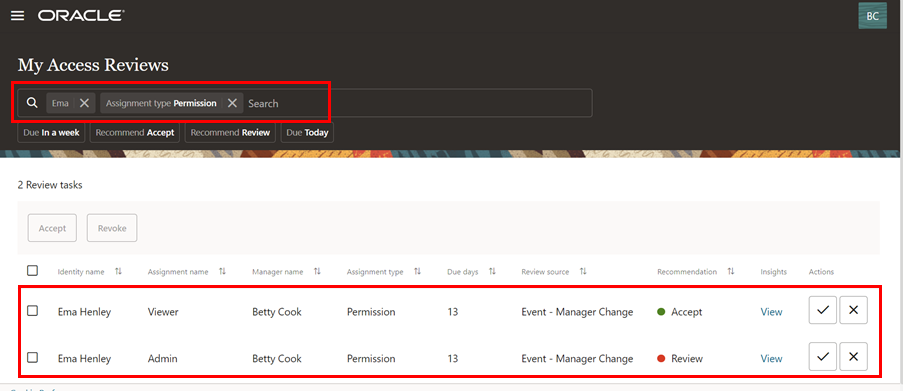

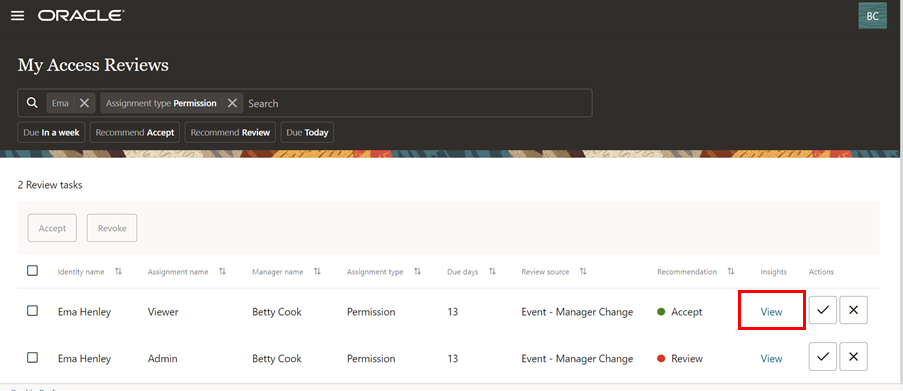

「Ema」を検索して、「割当タイプ権限」にフィルタを適用します。

アクセス・ガバナンスによって、「イベント- マネージャの変更」のアクセス・レビュー・タスクがどのように自動的に実行されたかを確認します。

-

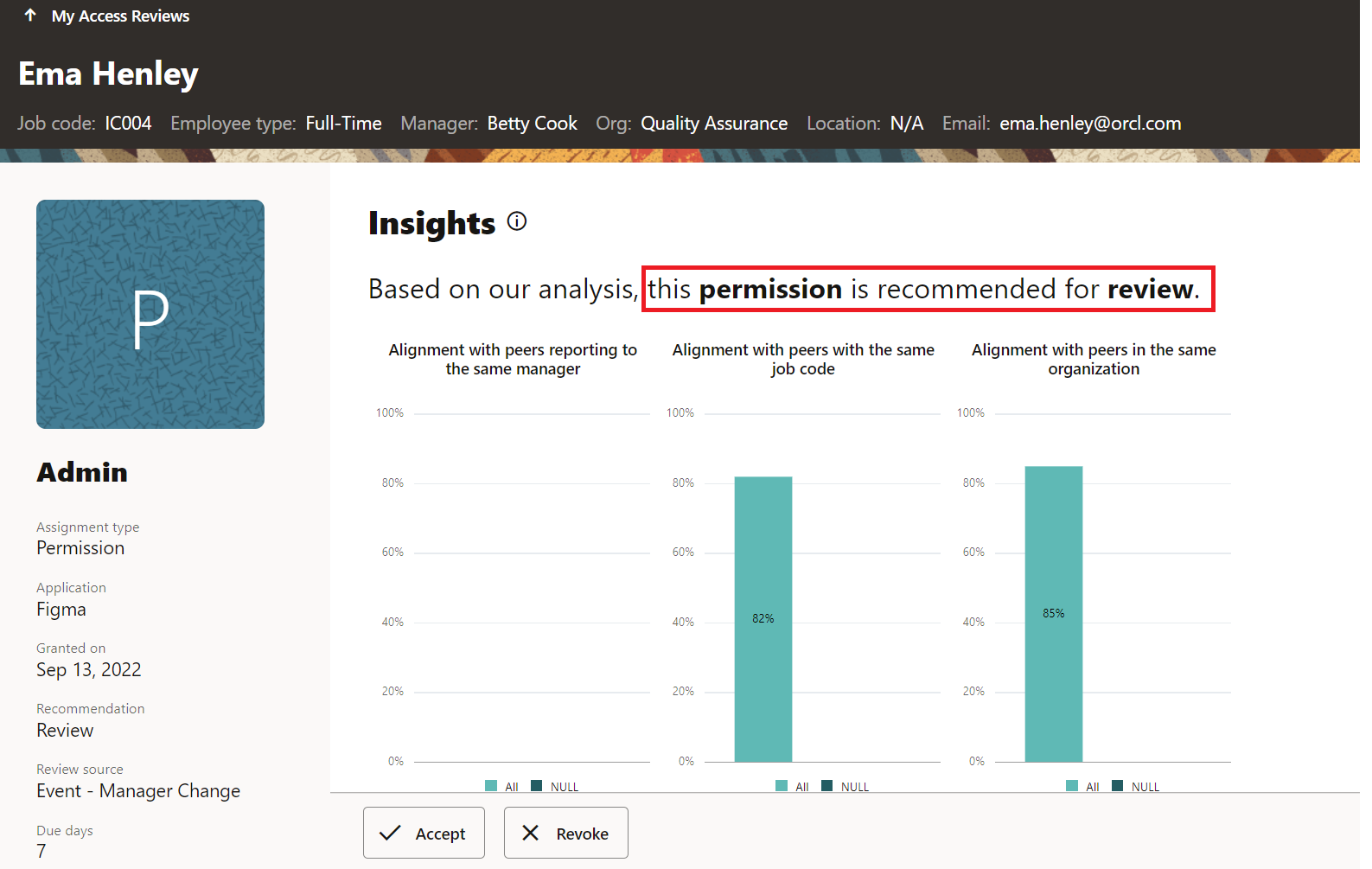

アクセス・ガバナンスによって、管理権限に関するレビュー推奨事項が生成されることを確認します。この推奨事項についてさらに学習するには、インサイトを確認してください。

-

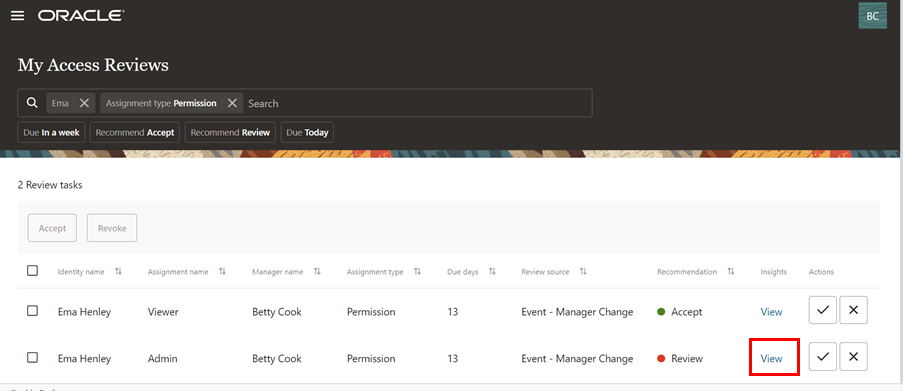

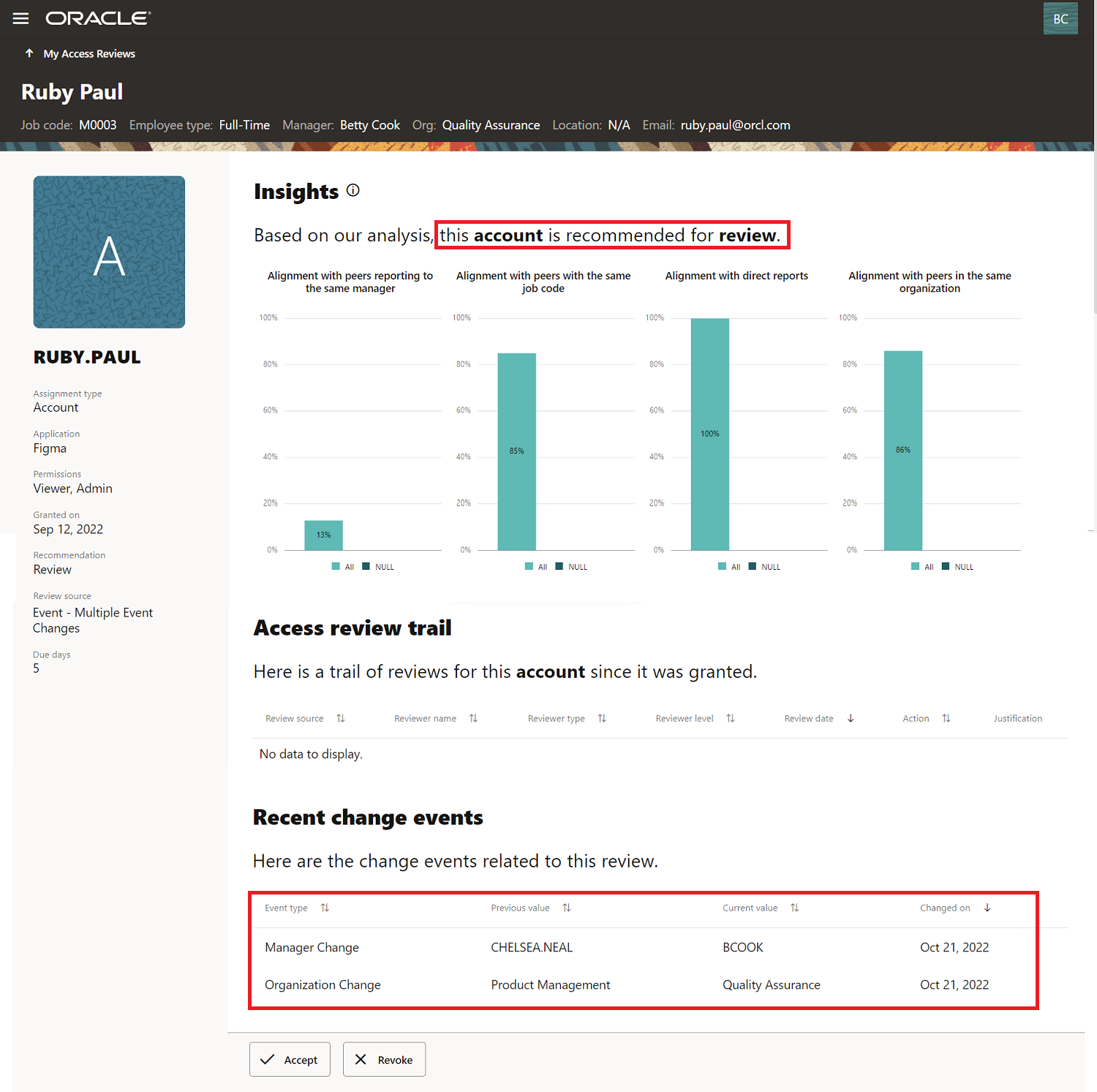

「表示」をクリックして、「管理」割当て名に対応するインサイトを表示します。

-

「インサイト」ページで、Figmaアプリケーションのインサイトを確認し、最近の変更を表示できます。これらのインサイトは、AI/ML装備の規範的な分析ベースのIdentity Intelligenceシステムによって推進されています。このチュートリアルでは、BettyがEmaに割り当てられたこのアクセス権限を確認することをお薦めします。

-

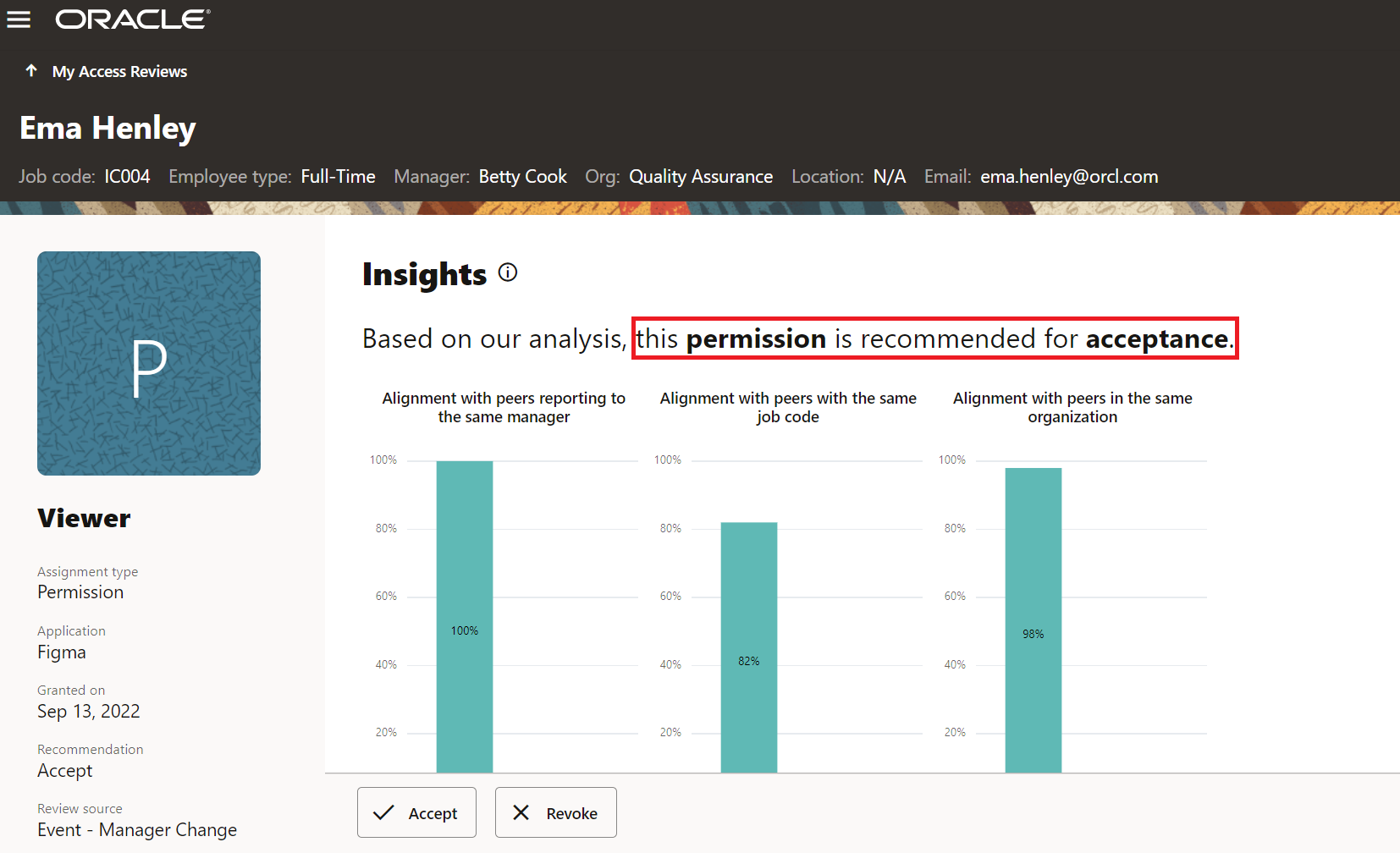

ここで、アクセス・ガバナンスによって「閲覧者」権限に対する「受入れ」推奨事項が生成されることを確認します。この推奨事項についてさらに学習するには、インサイトを確認してください。

-

「インサイト」ページで、Figmaアプリケーションのインサイトを確認し、最近の変更を表示できます。これらのインサイトは、AI/ML装備の規範的な分析ベースのIdentity Intelligenceシステムによって推進されています。このチュートリアルでは、BettyがEmaに割り当てられたこのアクセス権限を受け入れることをお薦めします。

特殊なケース: イベント・ベース設定での複数イベント・アクセス・レビュー・タスクの理解

単一のアイデンティティに関連付けられている複数のイベント・タイプが発生すると、アクセス・ガバナンスによって複数イベントが発生します。ジョブコードの変更、場所の変更、組織の変更などのイベントが単一のエンティティに関連する場合、イベントベースのアクセス・レビュー機能は、レビュー担当者がそのアイデンティティの影響を受けるアプリケーション、ロールまたは権限を確認、認証または修正するのに役立ちます。

複数イベント・アクセス・レビューのシナリオ

Acme社の従業員であるRuby Paulは、最近、Product ManagementからQuality Assurance部門への社内のキャリア・シフトを行いました。その結果、組織は品質保証に変更され、ベティ・クックにレポートされます。以前はChelsea Nealに報告していました。

アイデンティティの観点から、RubyではChelseaの直属の部下に必要なアクセス権限が不要になりましたが、Bettyチームが使用する新しいアクセス権限が必要になりました。

複数イベント・ベースのアクセス・レビューをトリガーする複数のイベント・タイプを有効にし、イベント・ベースの設定で共有ワークフローを構成する必要があります。このチュートリアルでは、「組織変更」および「マネージャ変更」イベント・タイプを有効にできます。

Rubyのユーザー属性を更新すると、アクセス・ガバナンスによって、その単一のアイデンティティ(この場合はRuby)に対して複数のイベントベースのアクセス・レビュー・タスクが自動的に実行されます。

Access Reviewのインサイトを確認しましょう。

推奨に基づいてアクセス・レビュー・タスクを承認または否認できます。Oracle Access Governanceのイベント・ベースのレポート機能を使用してレポートを生成することで、イベント・ベースのアクセス・レビューに関する情報を表示することもできます。詳細は、イベント・ベースのアクセス・レビュー・レポートの生成を参照してください。

そのため、アイデンティティの変化、イベント・ベースおよび定期的なアクセス・レビューが発生した場合、組織はアクセス権の悪用によって生じる可能性のある害を事実上阻止するのに役立ちます。

謝辞

- 作成者 - Komalreet Kaur

- 貢献者 - Abhishek Juneja、Mike Howlett、Oracle IAM製品管理

その他の学習リソース

docs.oracle.com/learnで他のラボを探すか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、education.oracle.com/learning-explorerにアクセスしてOracle Learning Explorerになります。

製品ドキュメントについては、Oracle Help Centerを参照してください。

Implement Event-Based Access Reviews with Oracle Access Governance

F72104-01

November 2022

Copyright © 2022, Oracle and/or its affiliates.