ノート:

- このチュートリアルでは、Oracle Cloudへのアクセスが必要です。無料アカウントにサインアップするには、Oracle Cloud Infrastructure Free Tierの開始を参照してください。

- Oracle Cloud Infrastructureの資格証明、テナンシおよびコンパートメントに例の値を使用します。演習を終える際は、これらの値をクラウド環境に固有の値に置き換えてください。

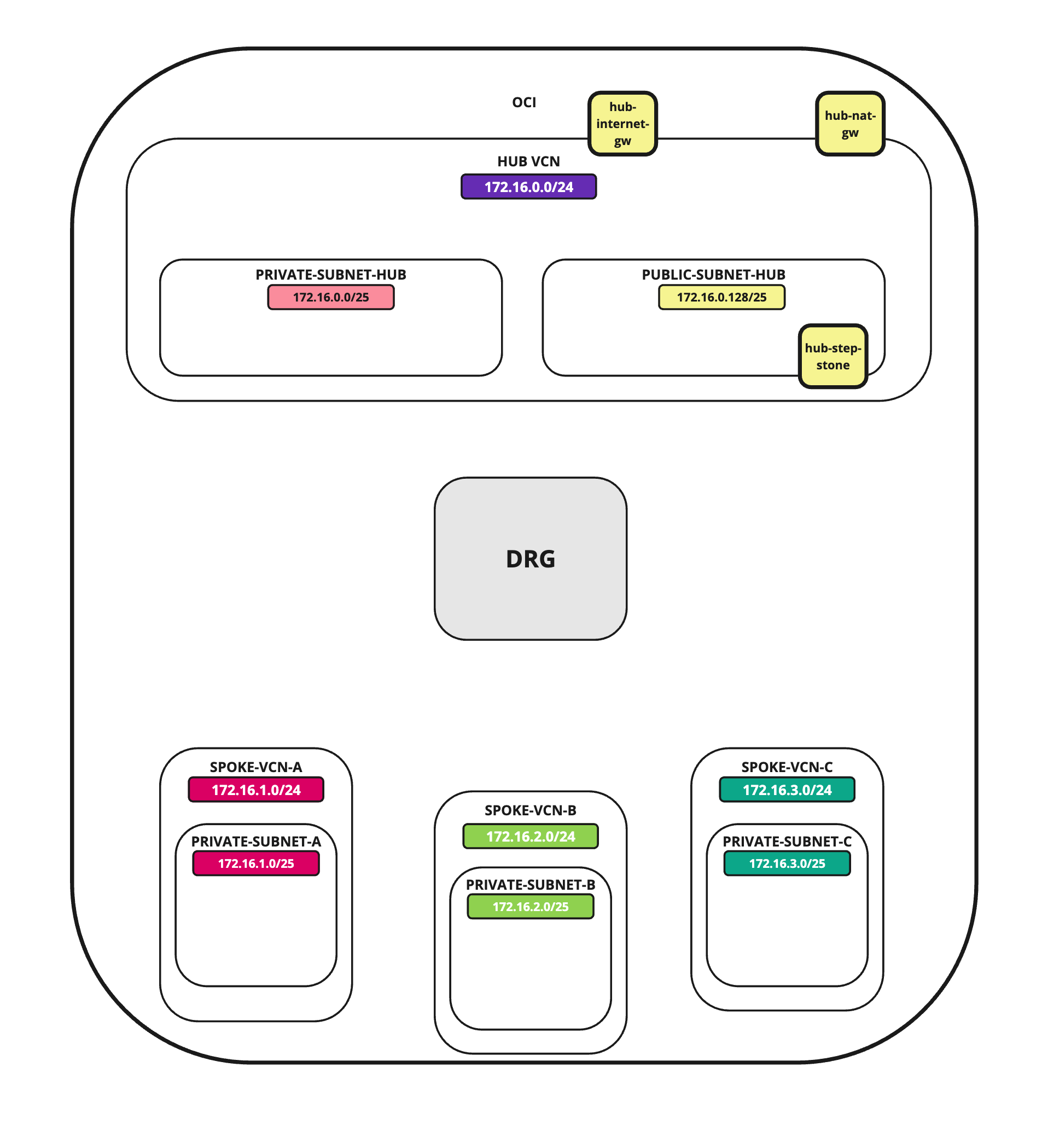

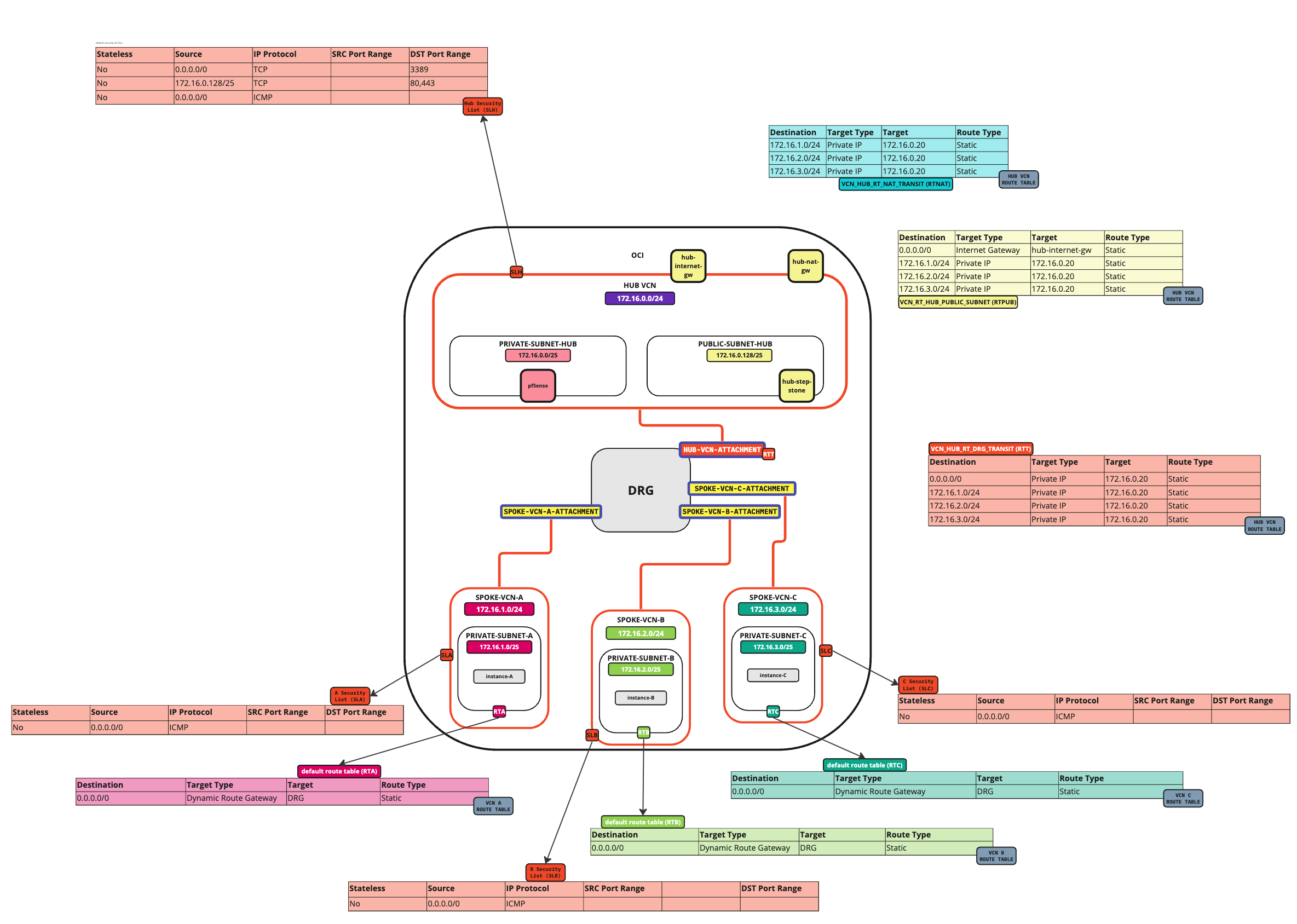

ハブVCN内のpfSenseファイアウォールを使用したルート・ハブおよびスポークVCN

イントロダクション

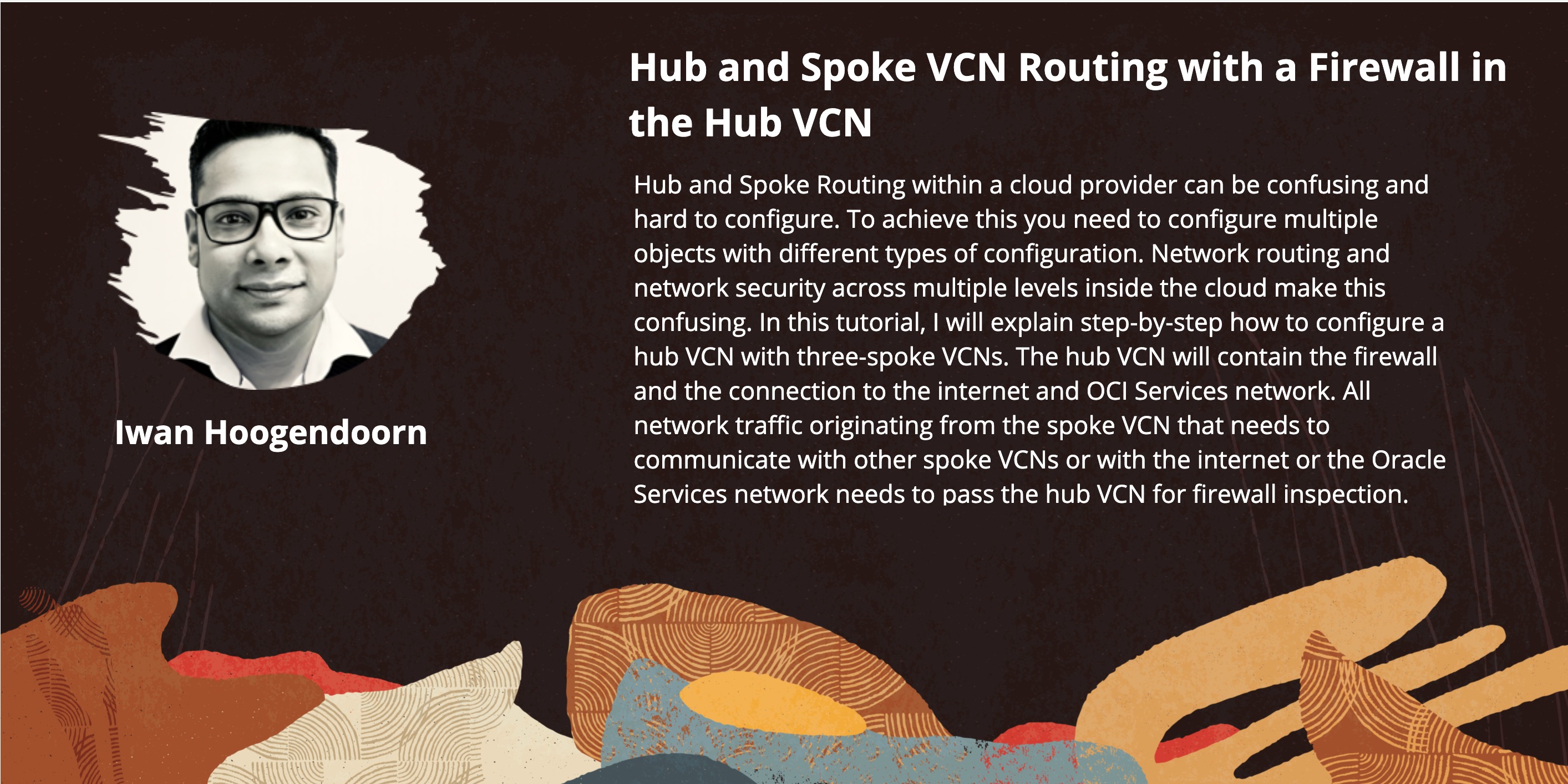

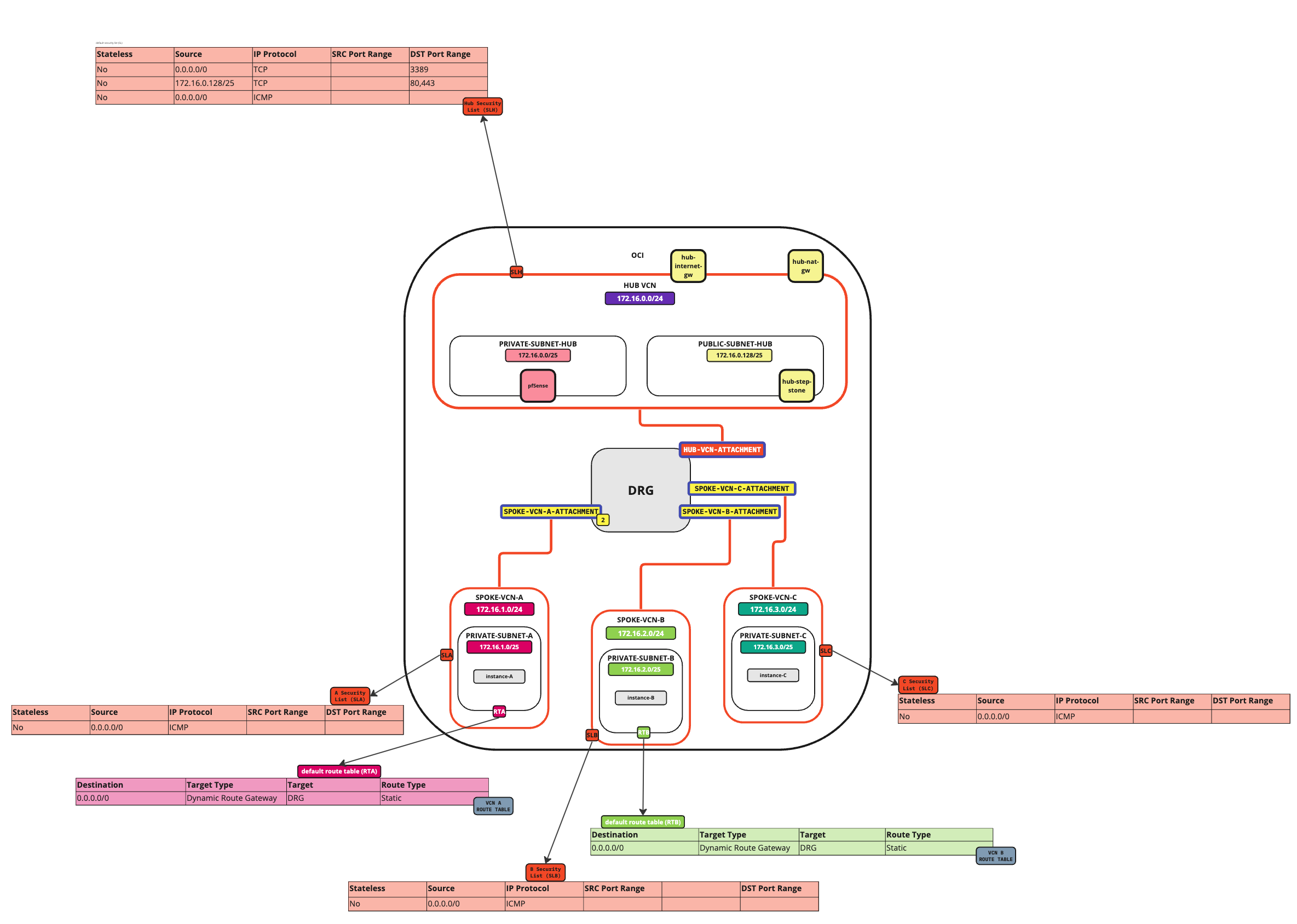

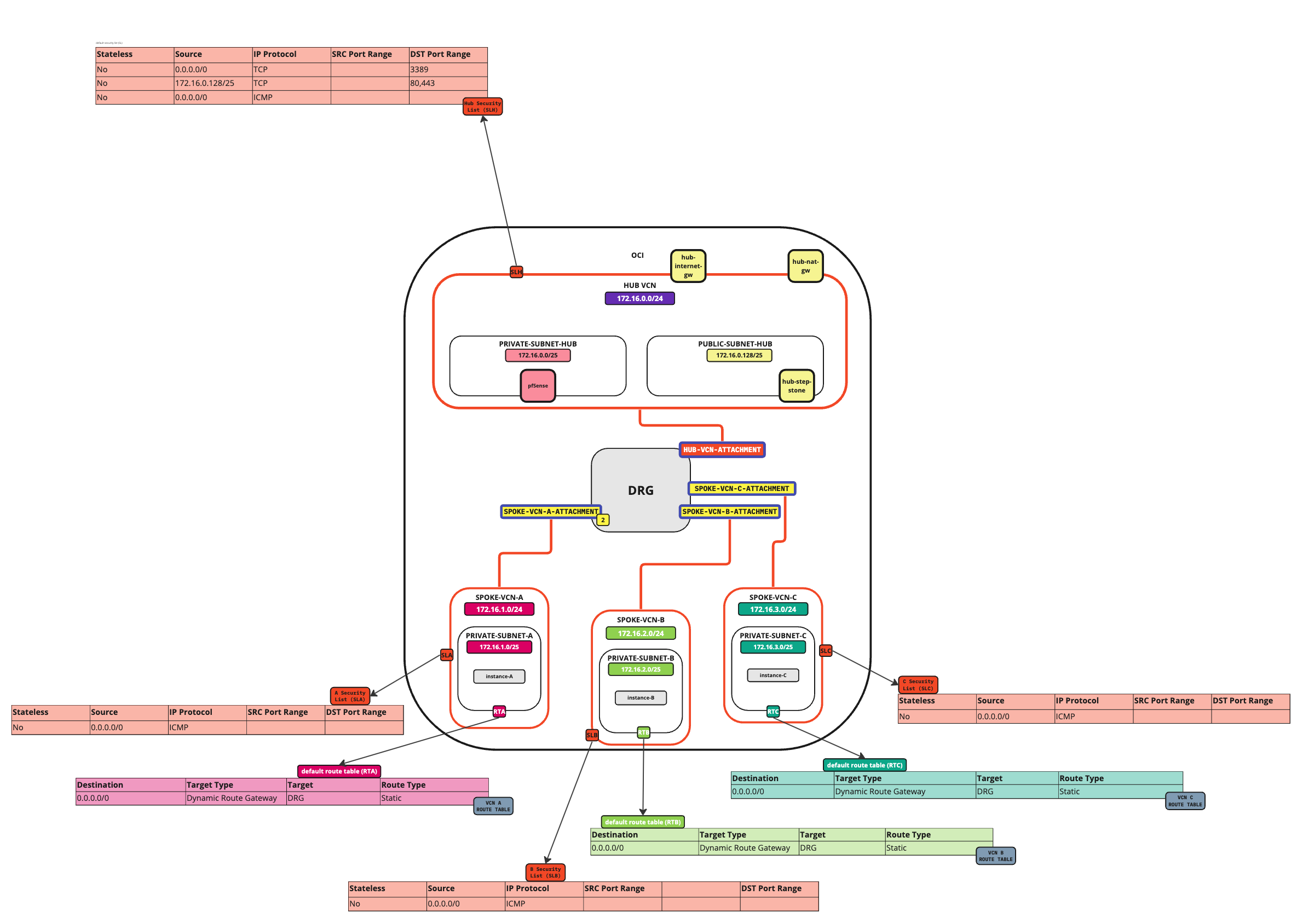

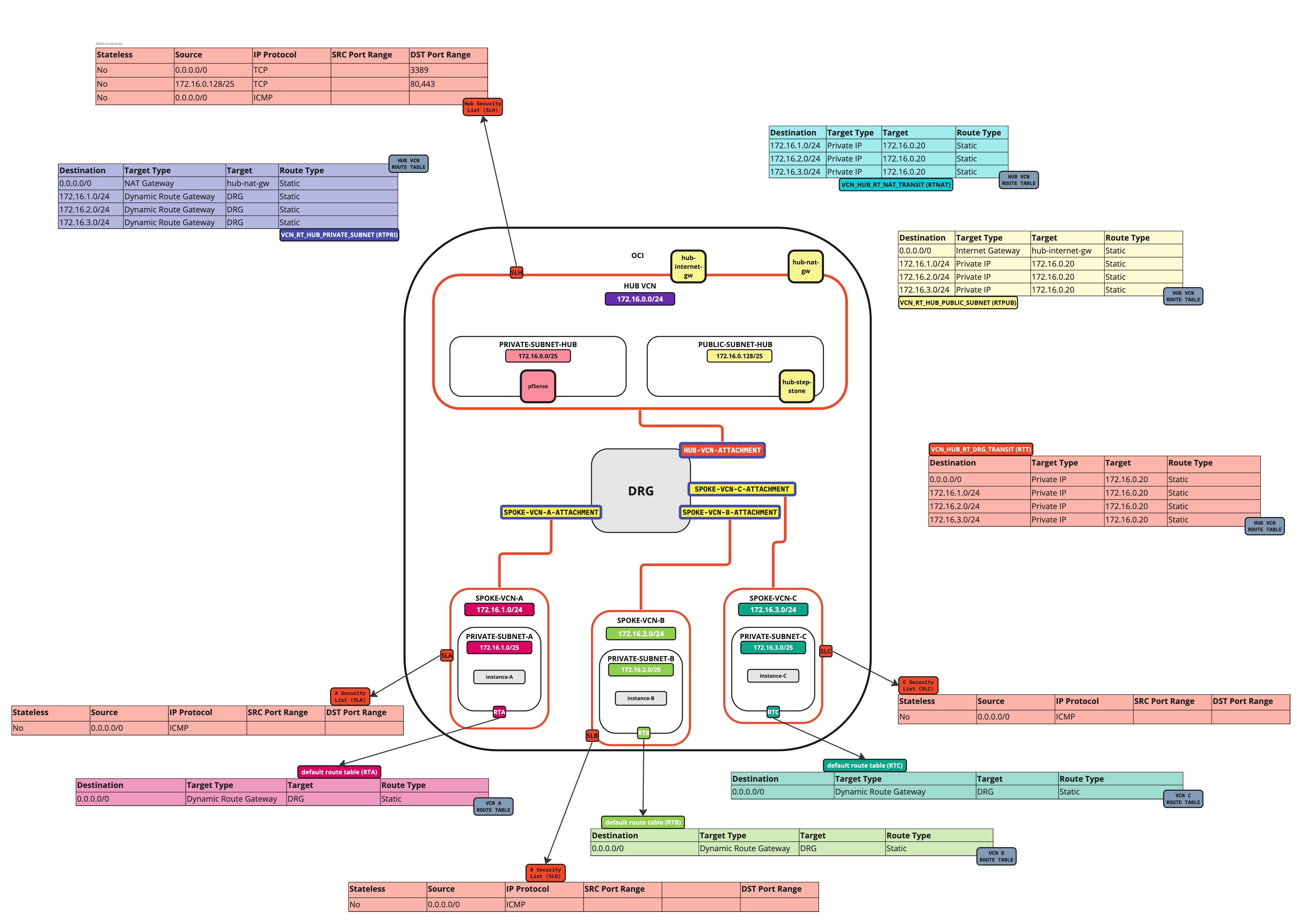

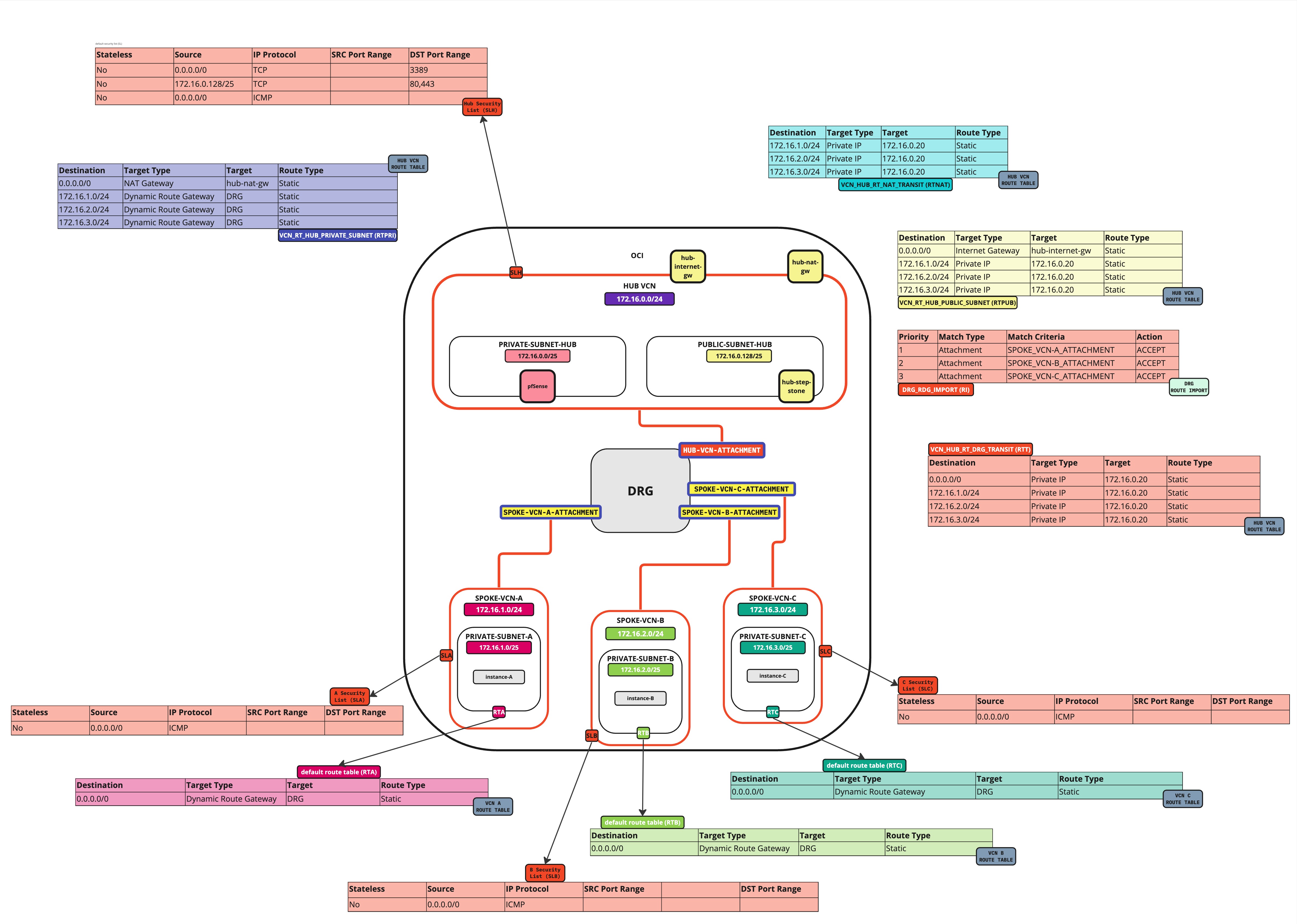

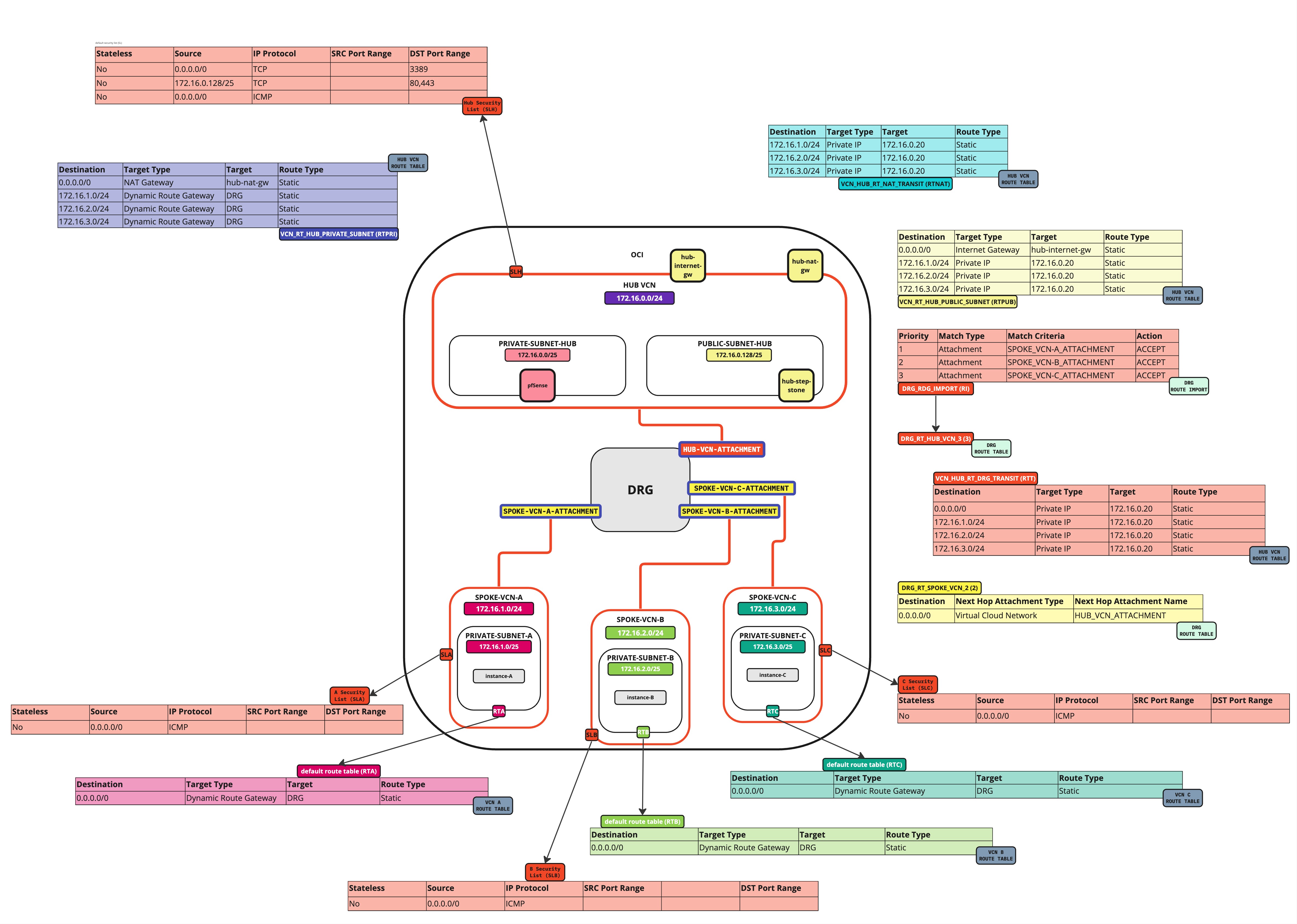

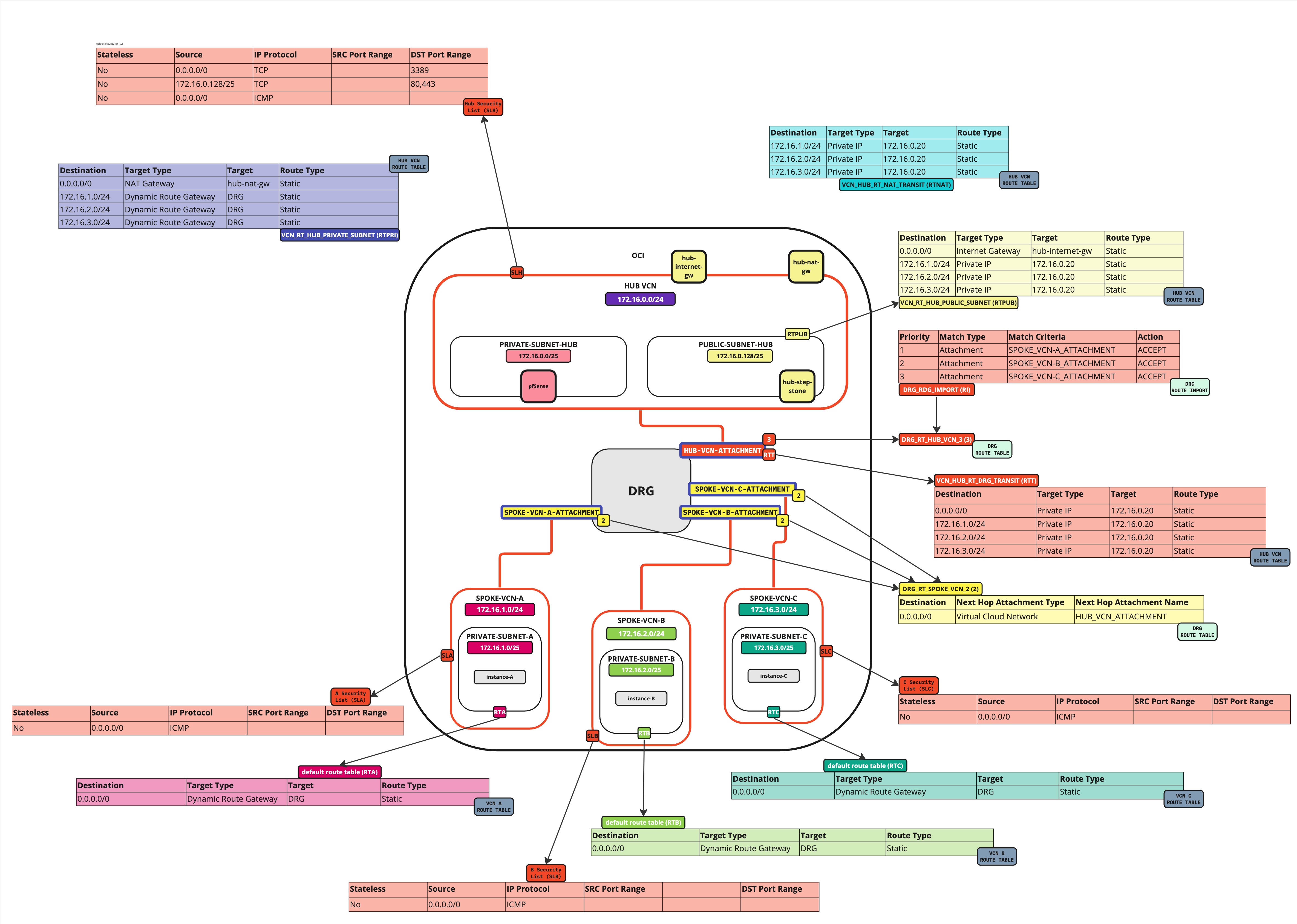

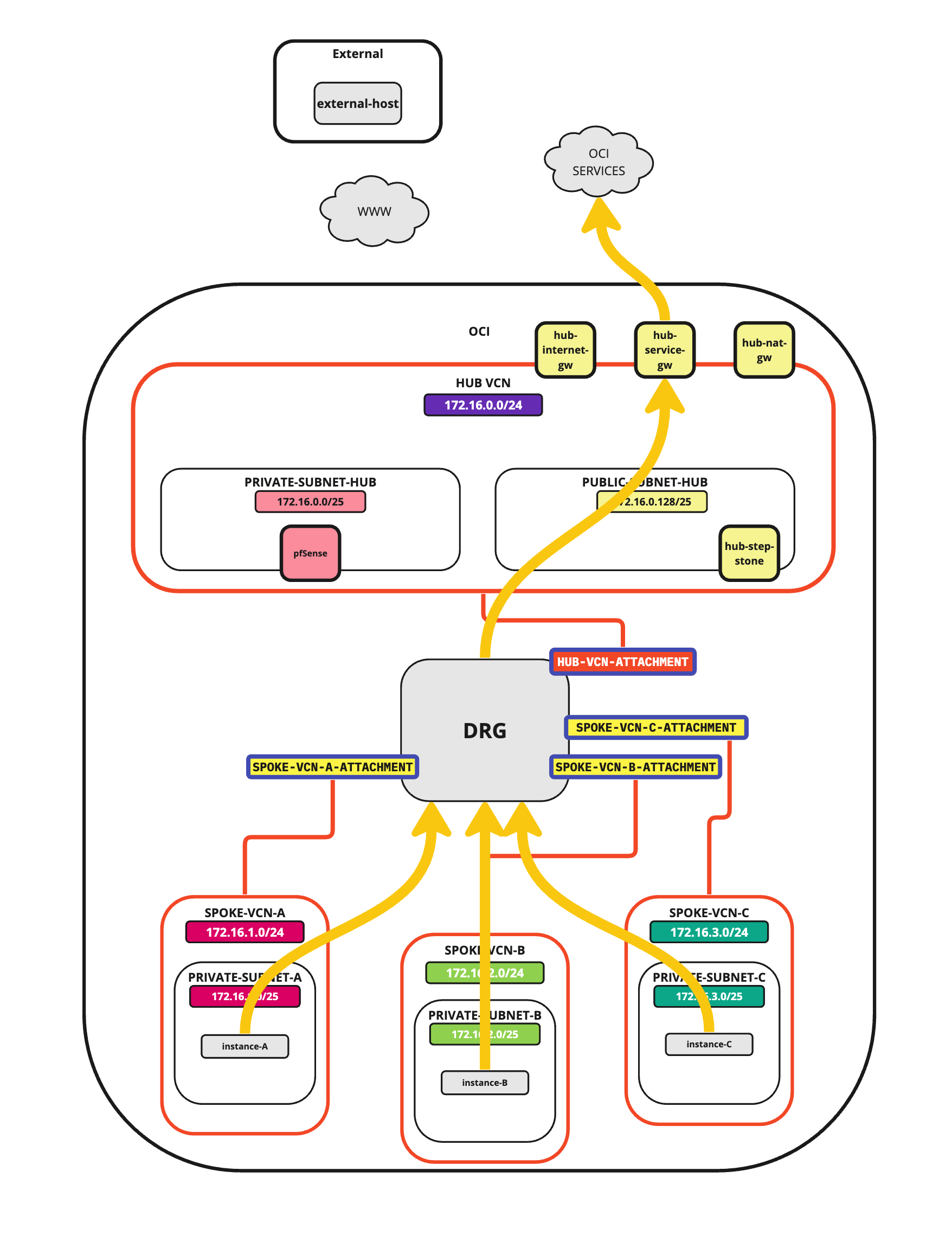

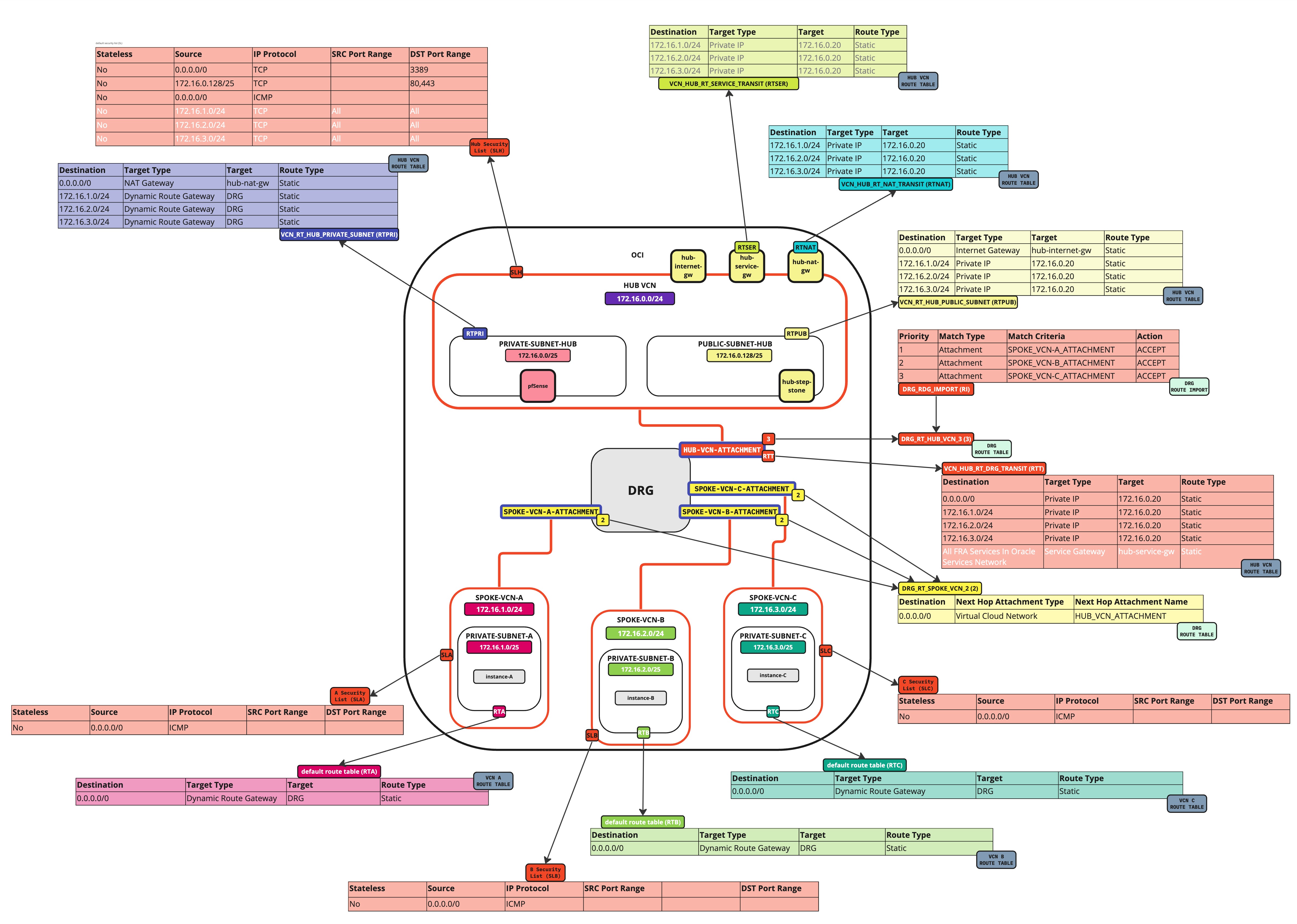

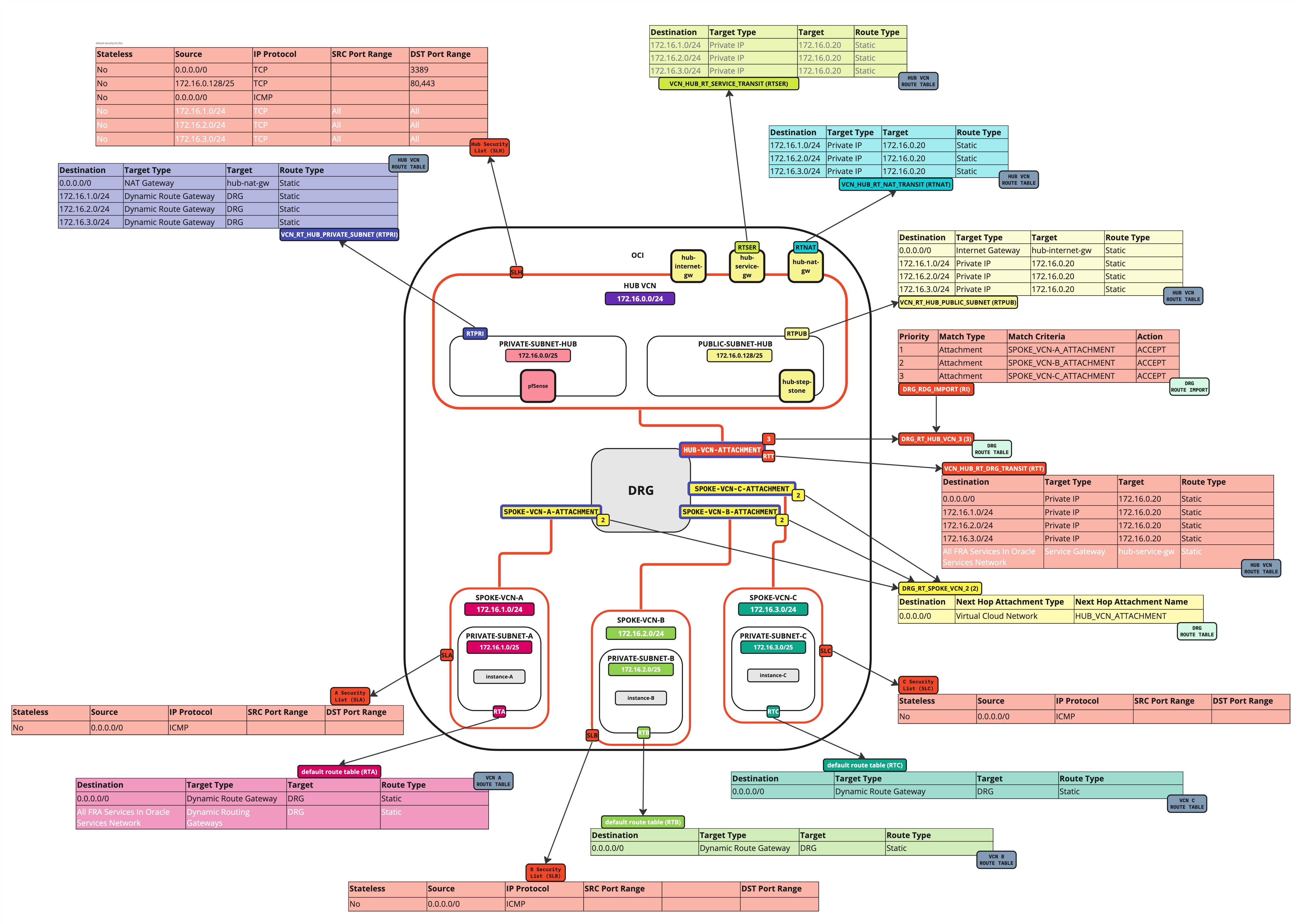

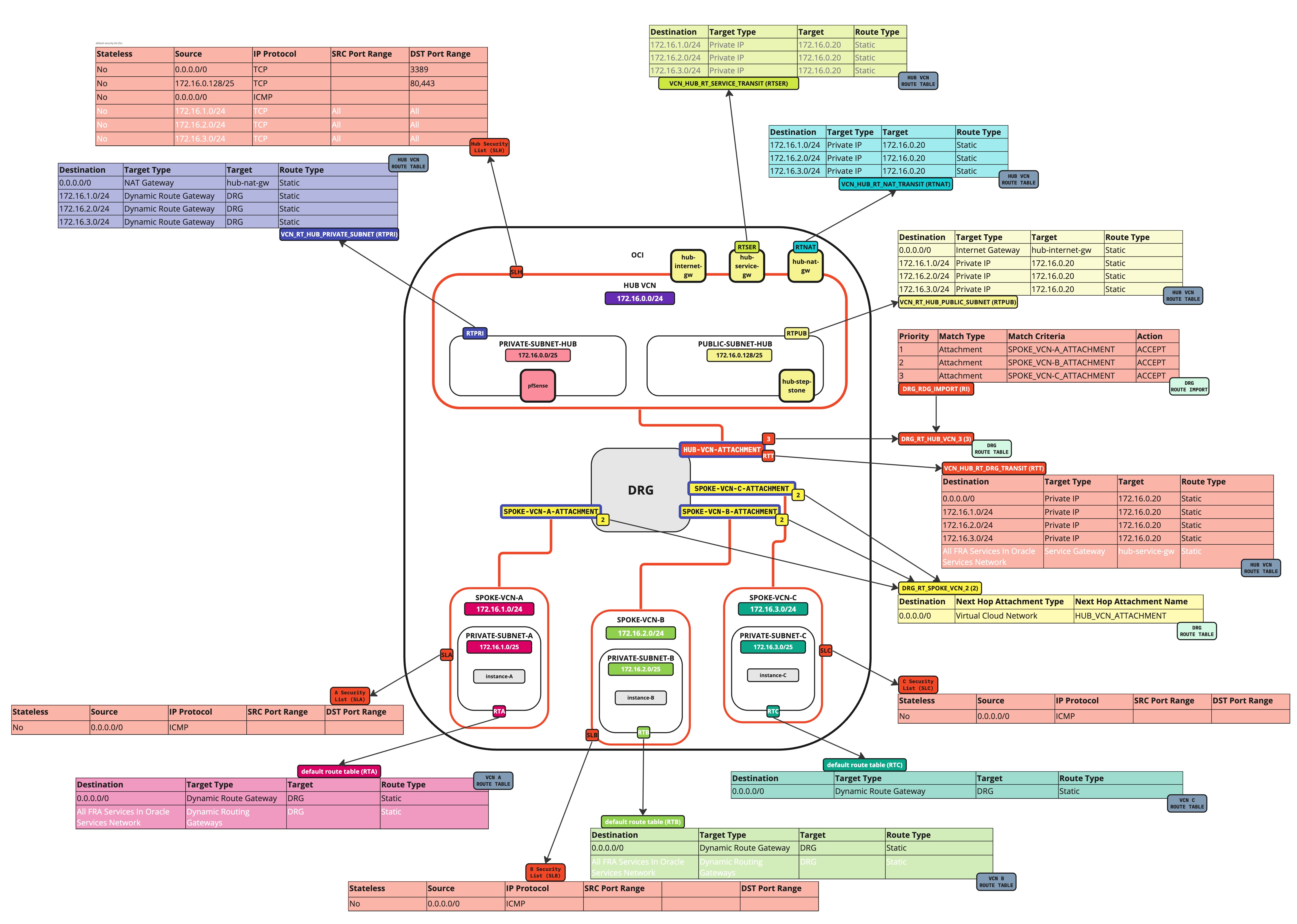

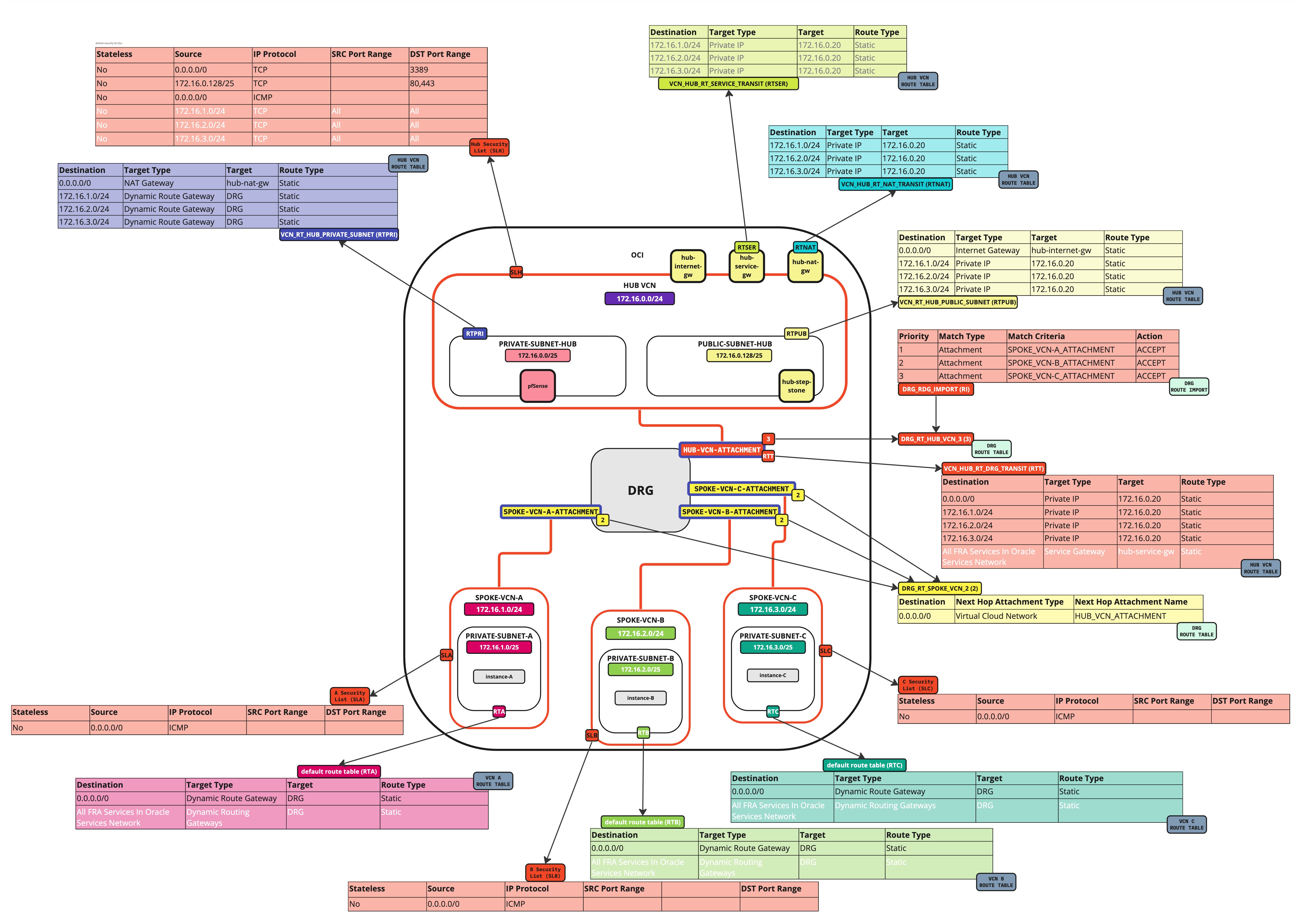

クラウド・プロバイダ内でのハブ・ルーティングとスポーク・ルーティングは、混乱して構成が難しい場合があります。これを実現するには、異なるタイプの構成で複数のオブジェクトを構成する必要があります。クラウド内の複数のレベルにわたるネットワーク・ルーティングとネットワーク・セキュリティが、この問題を混乱させます。

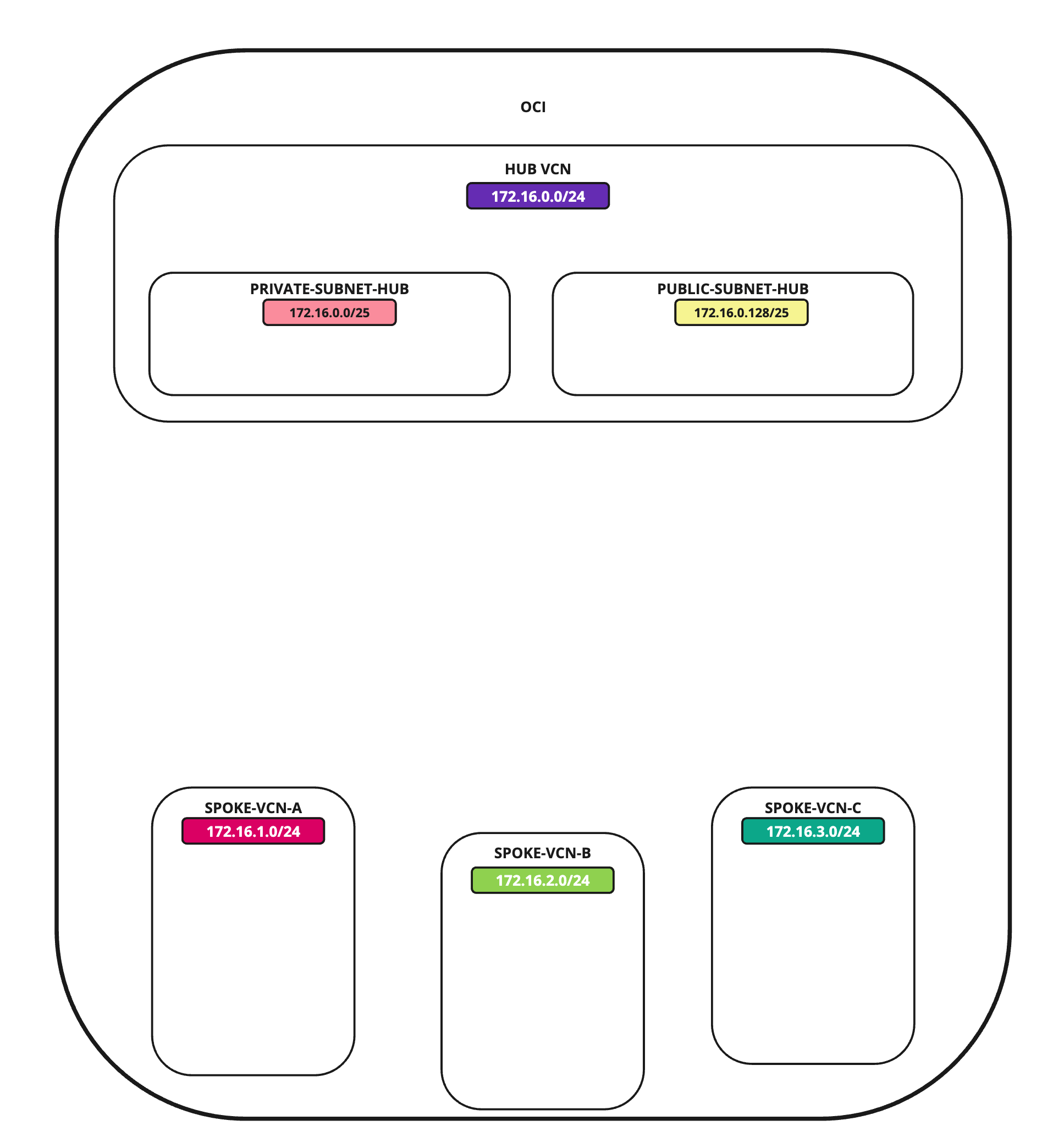

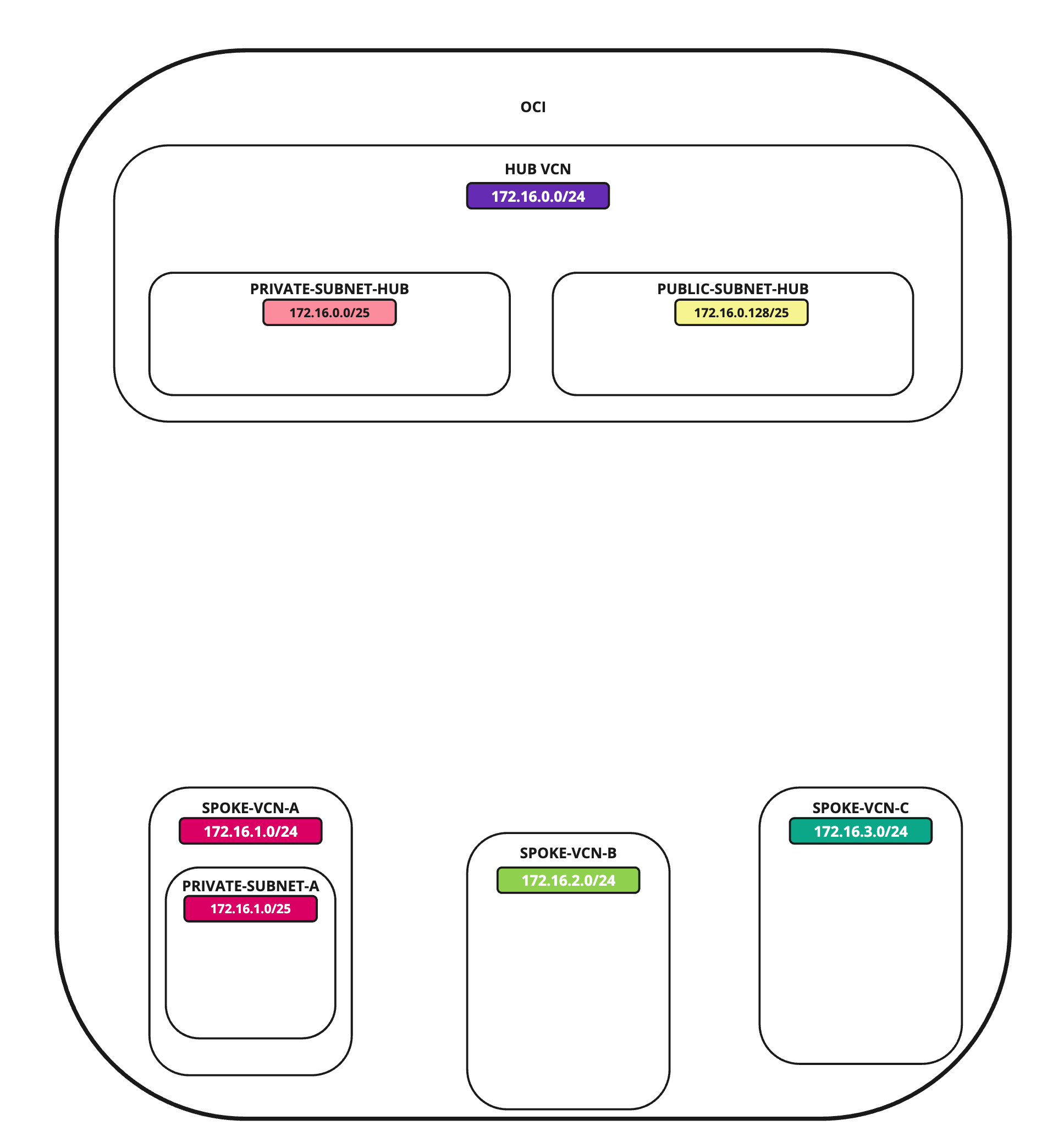

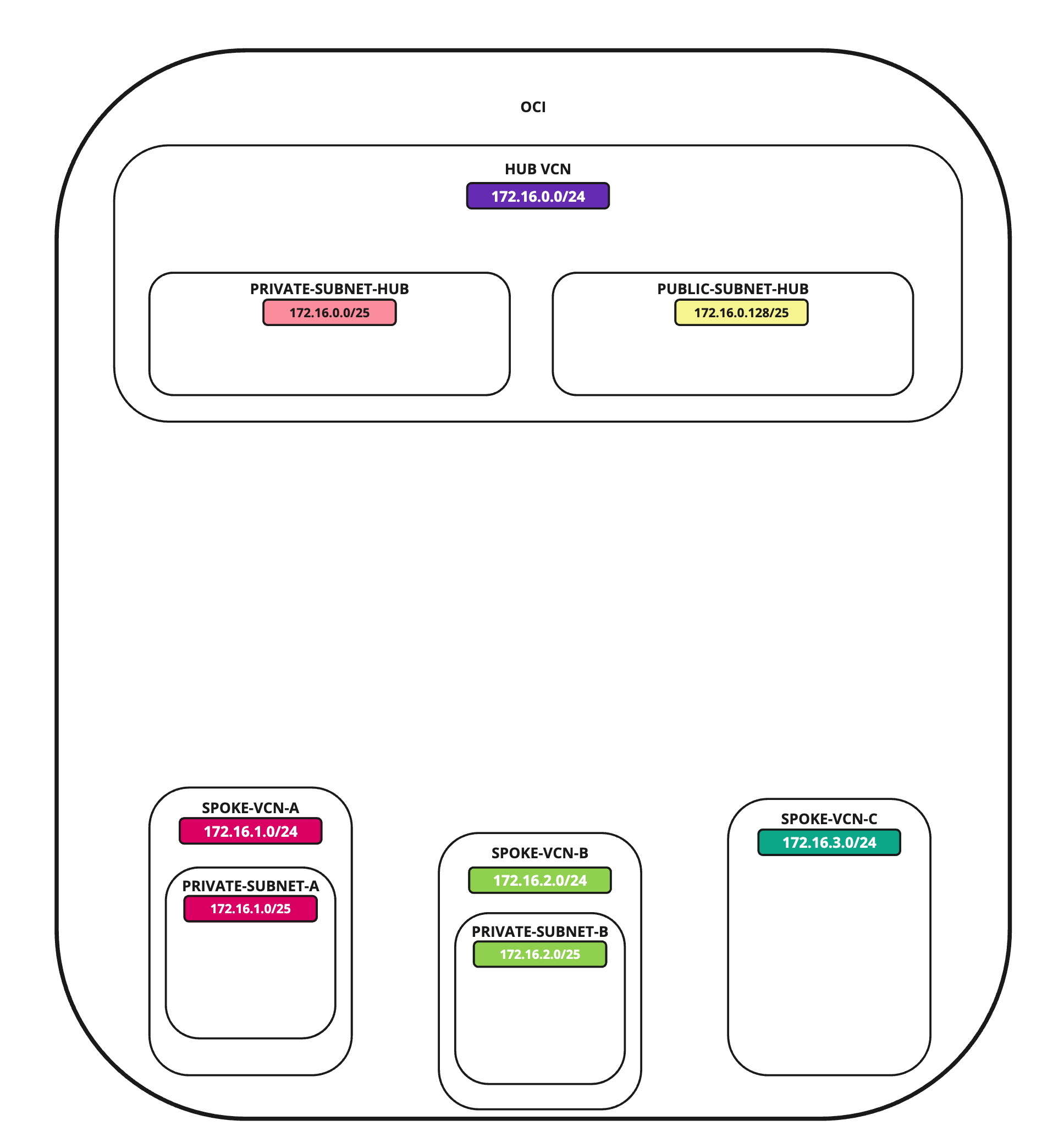

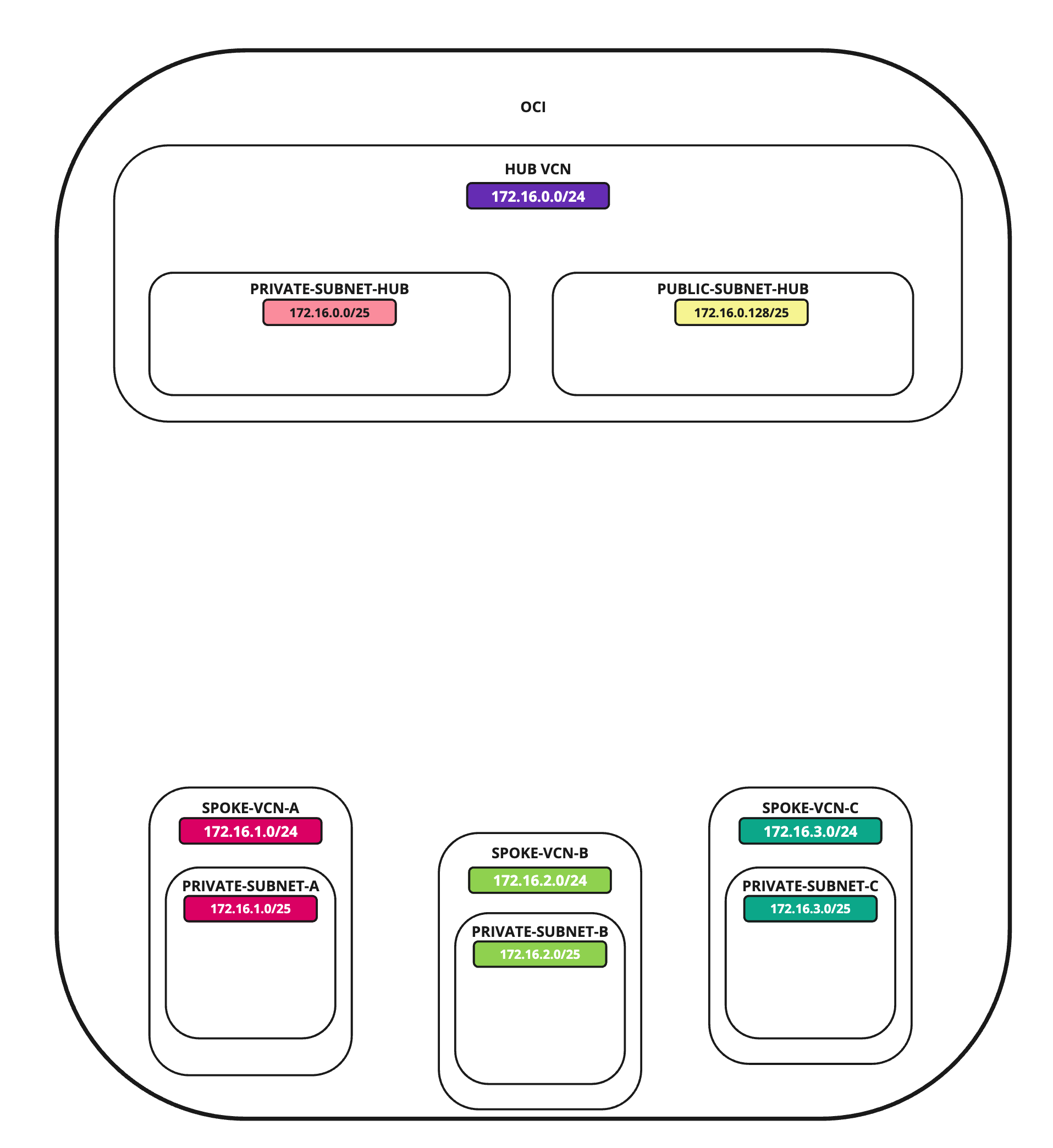

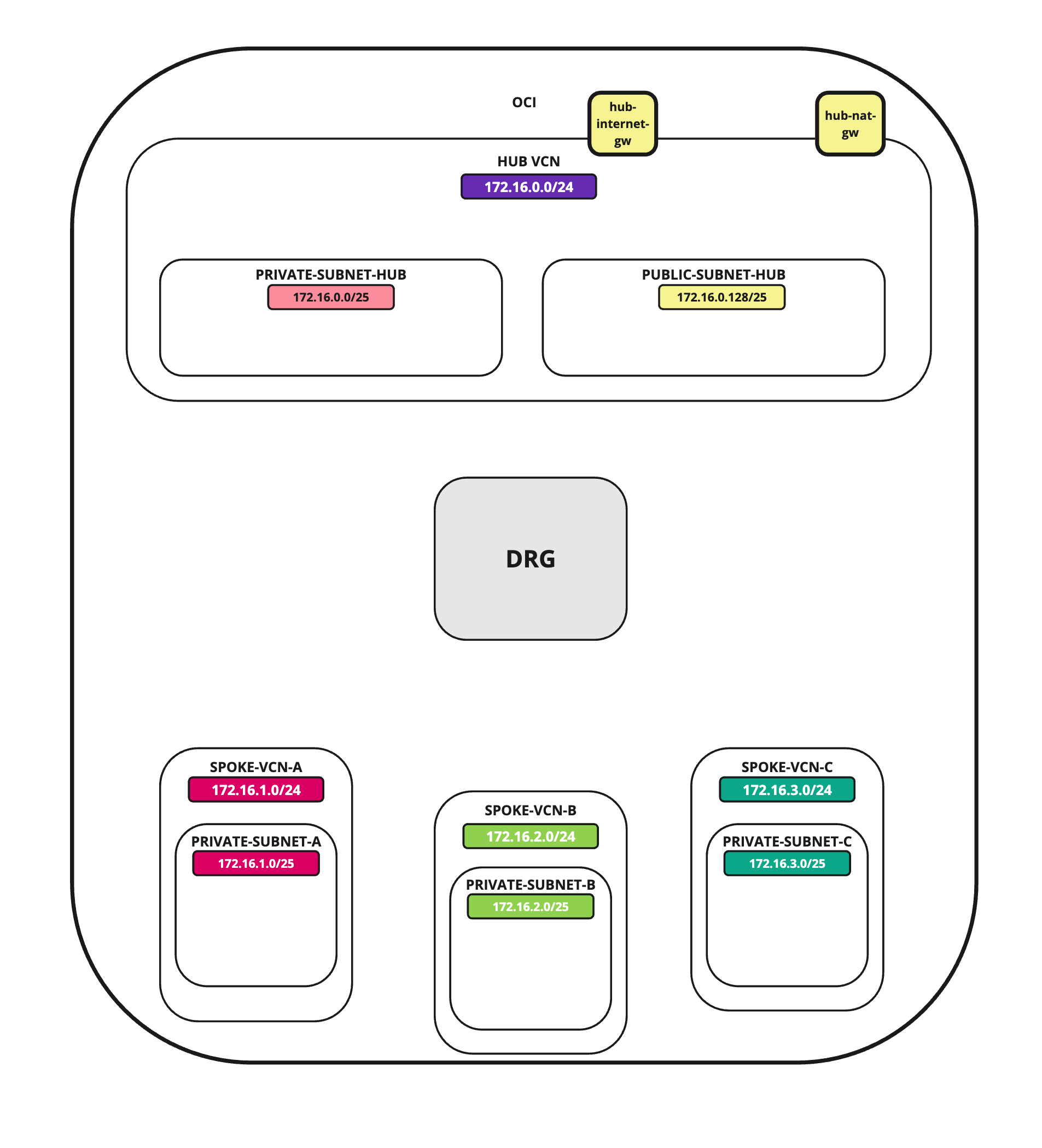

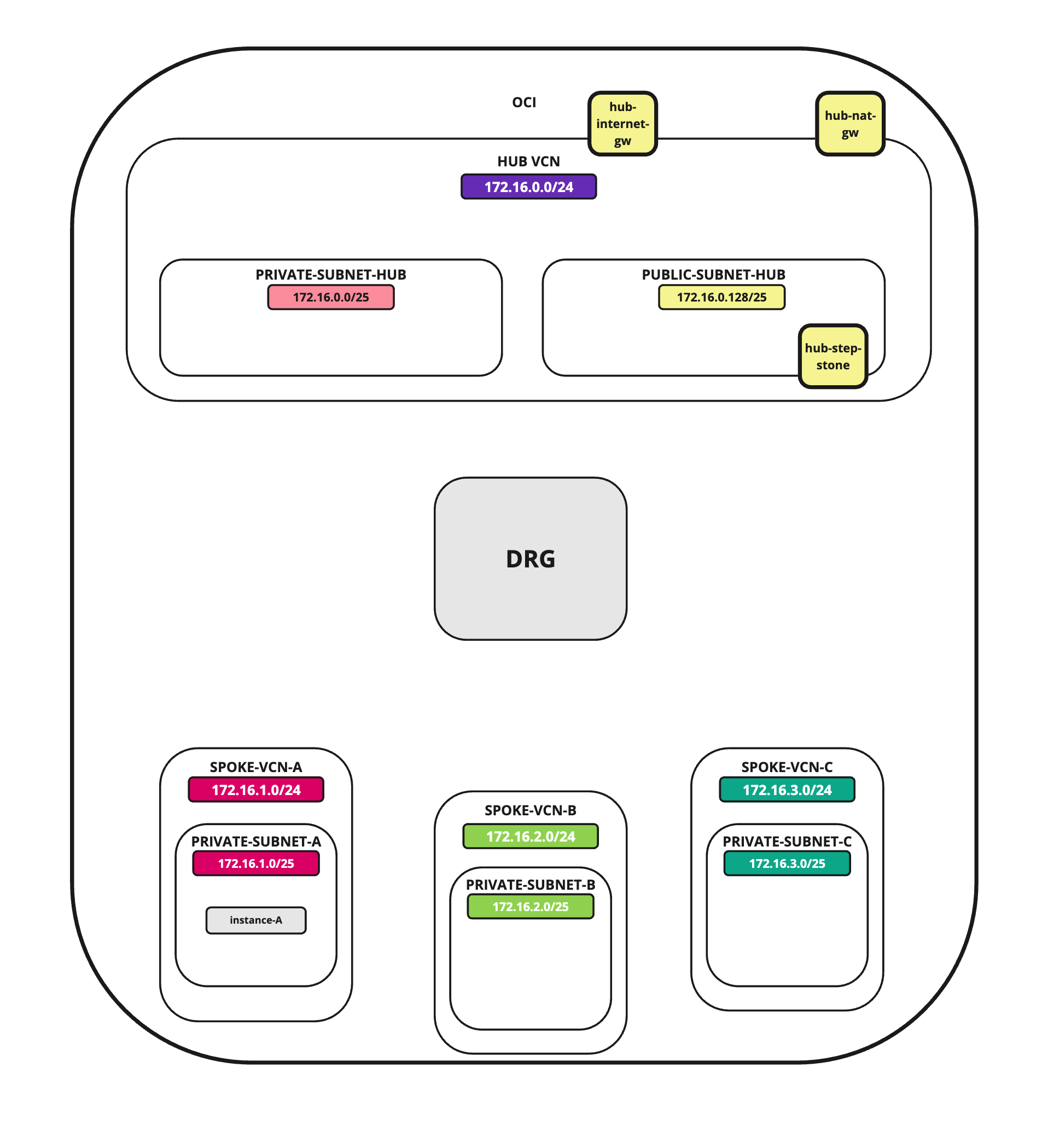

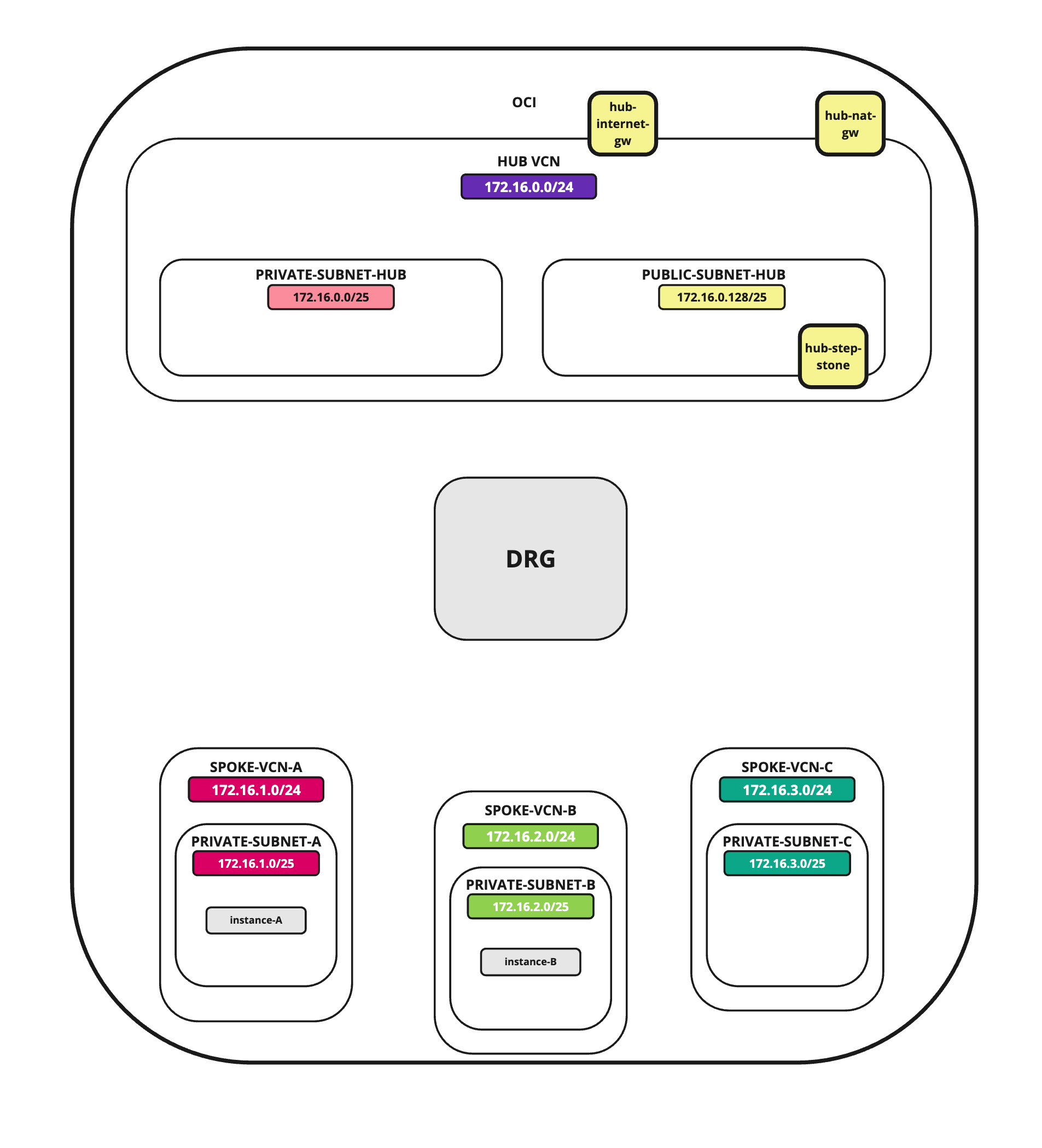

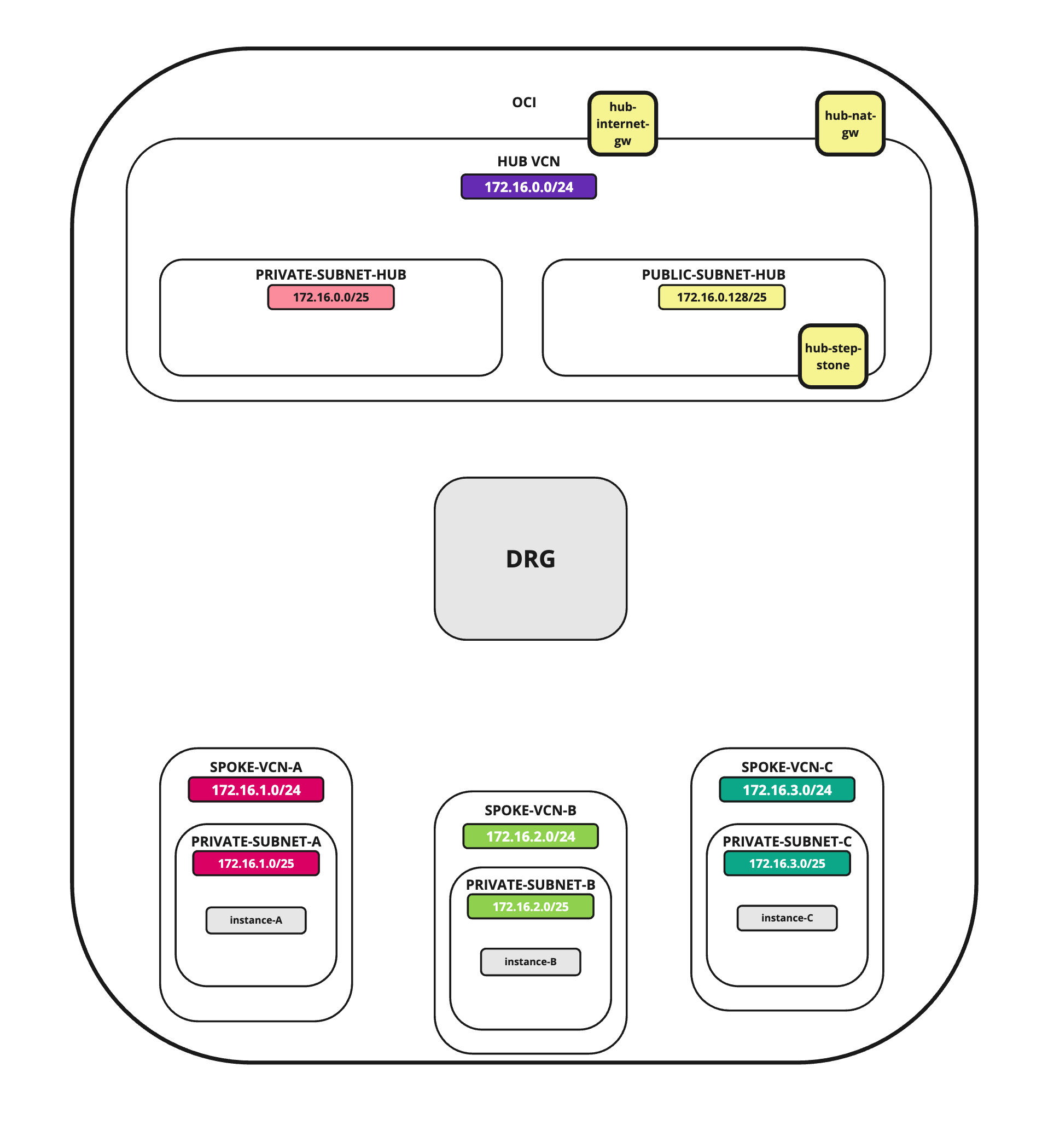

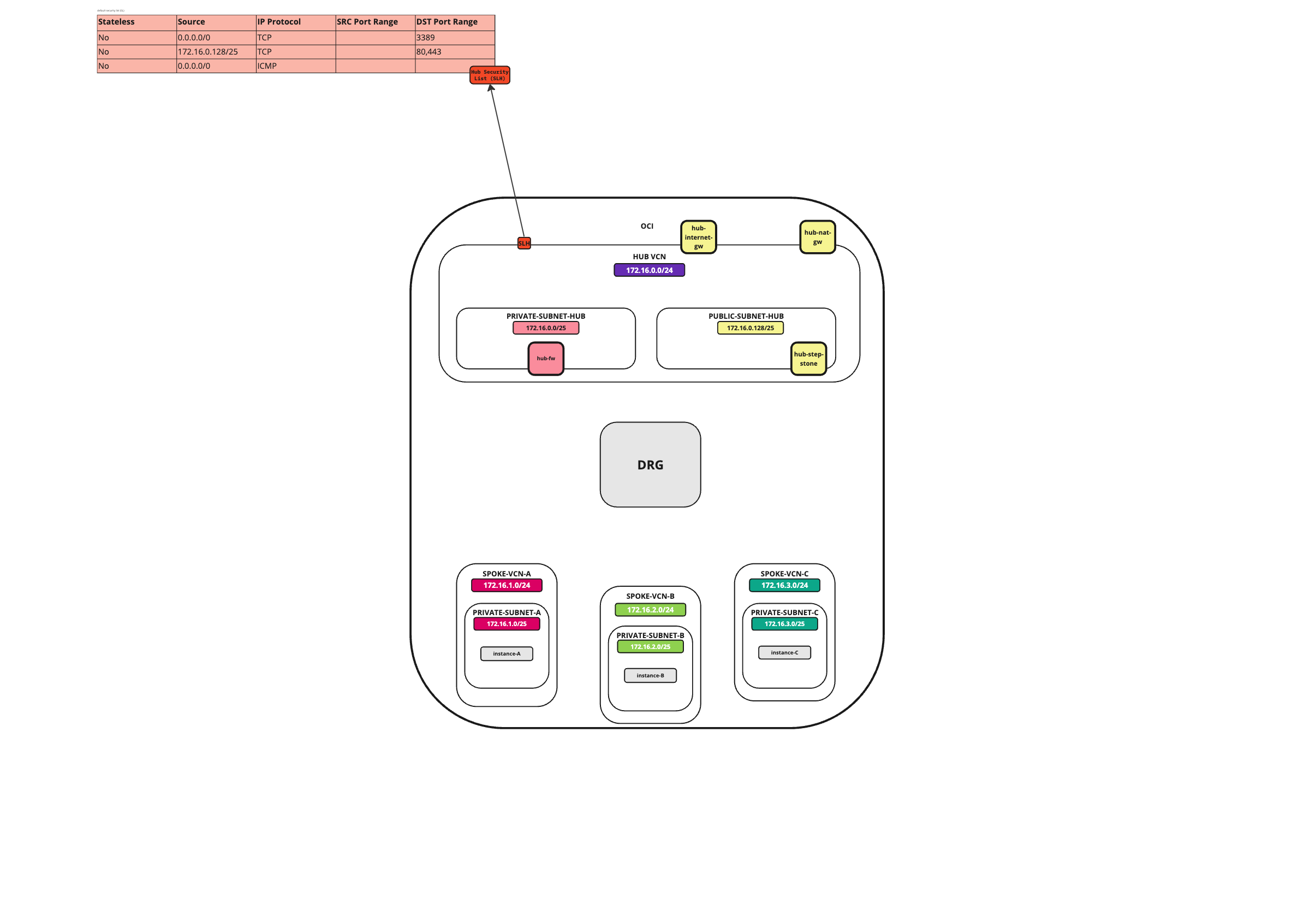

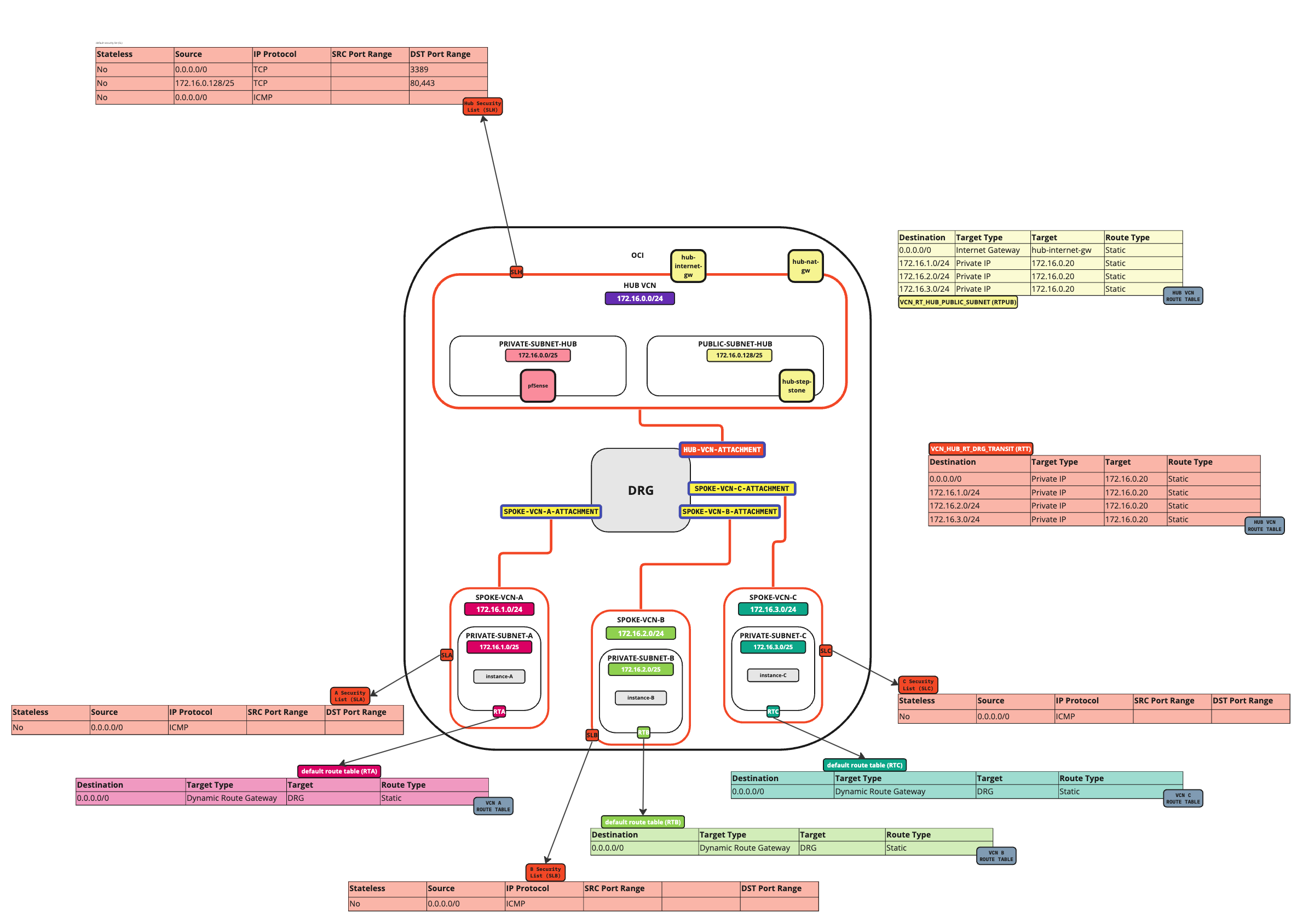

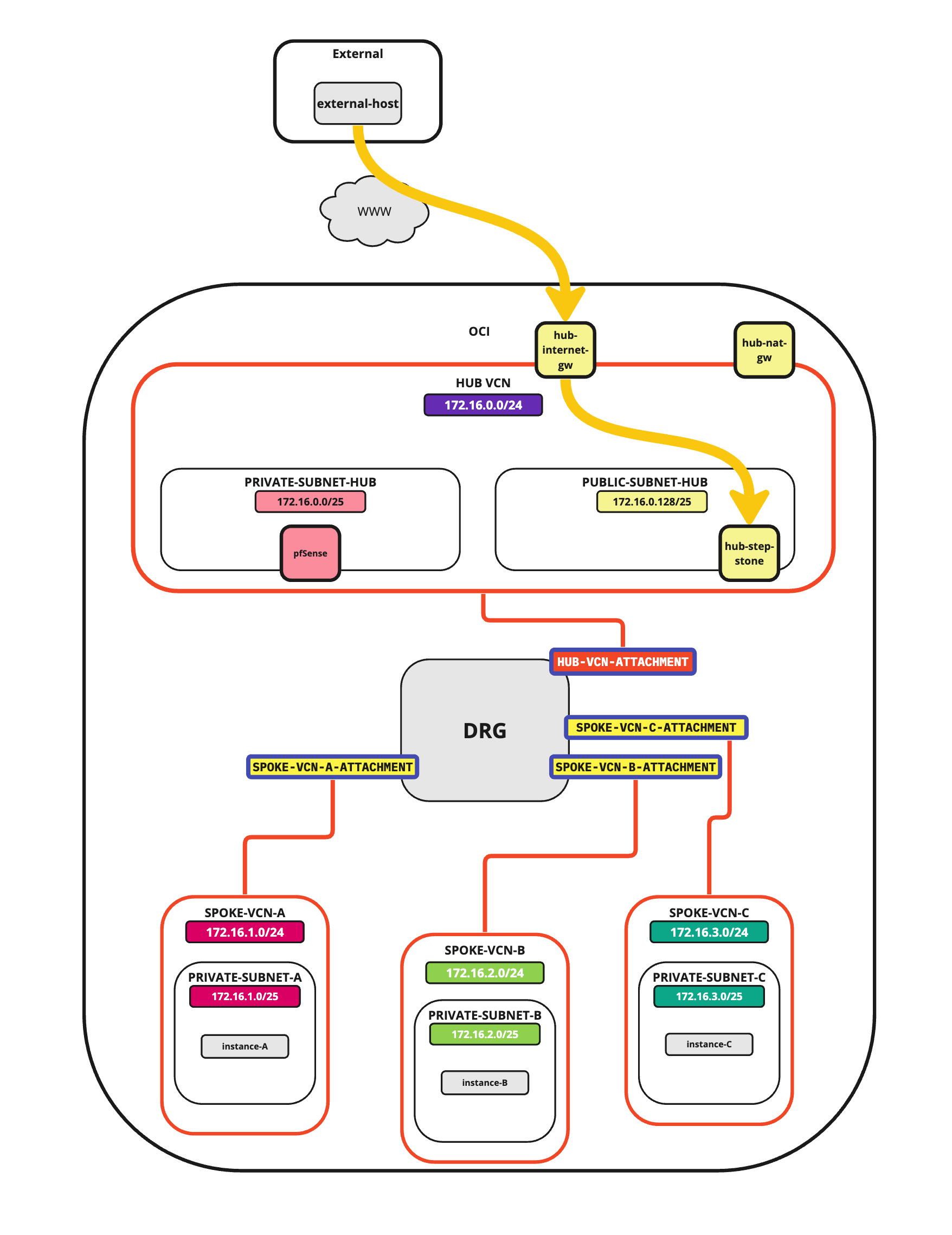

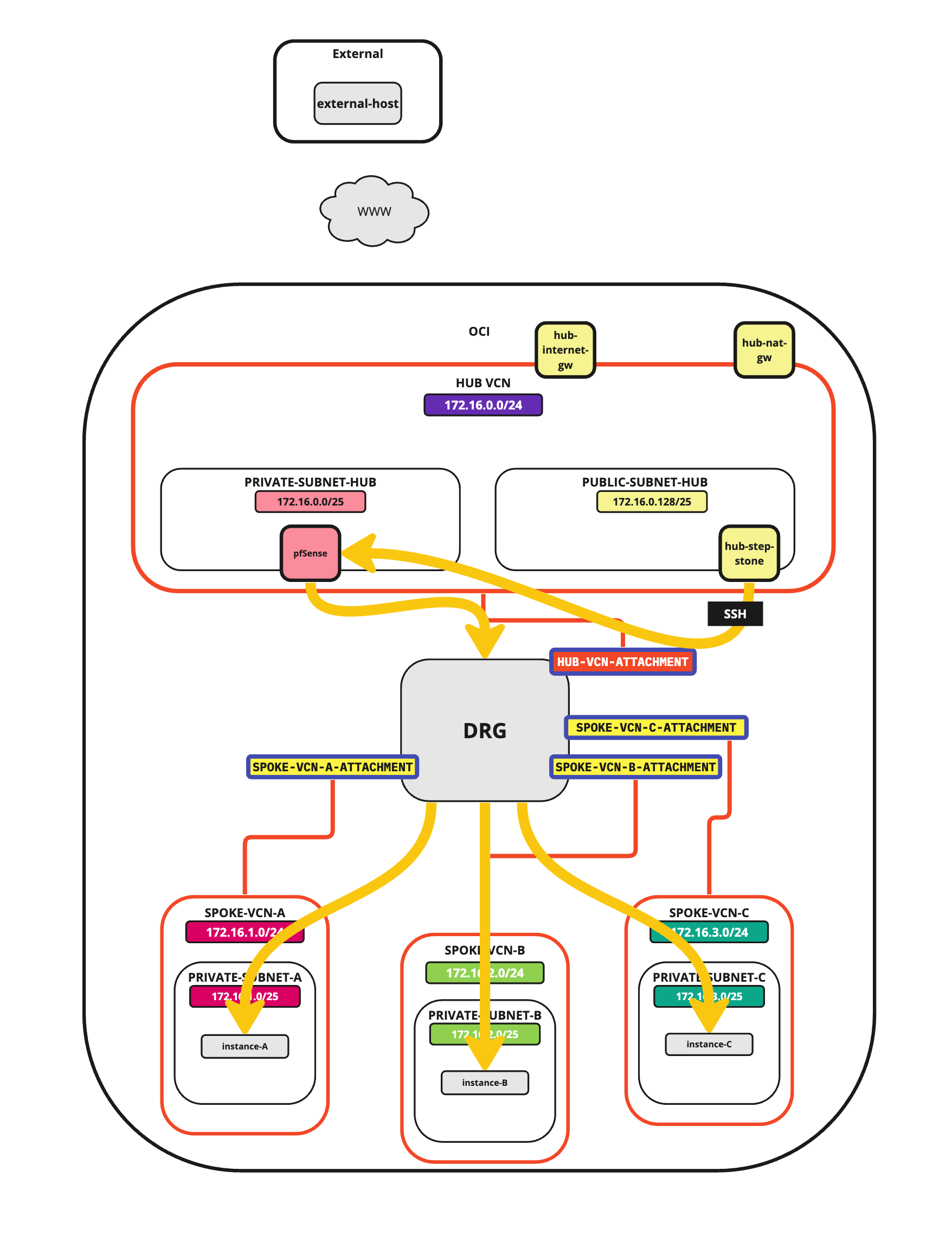

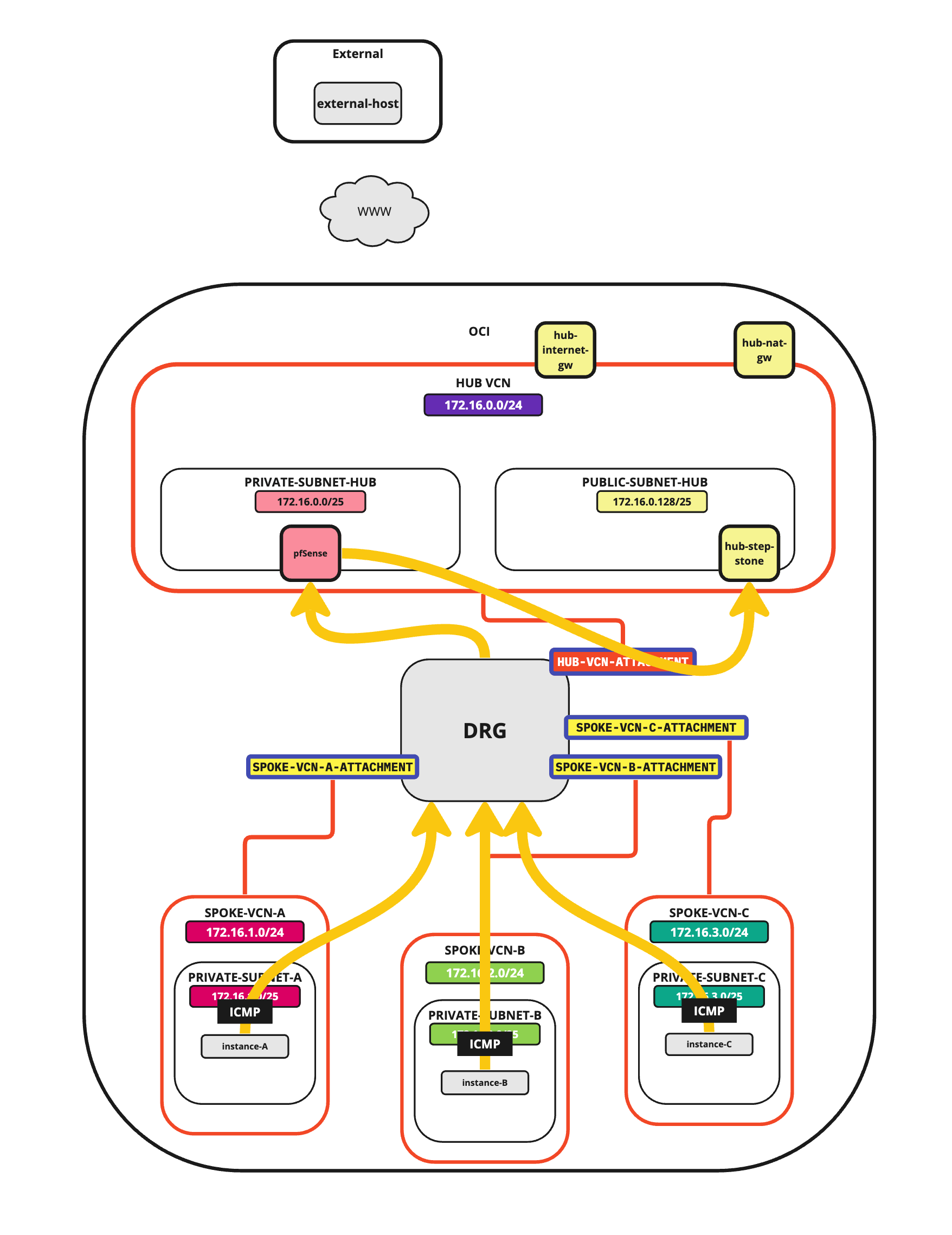

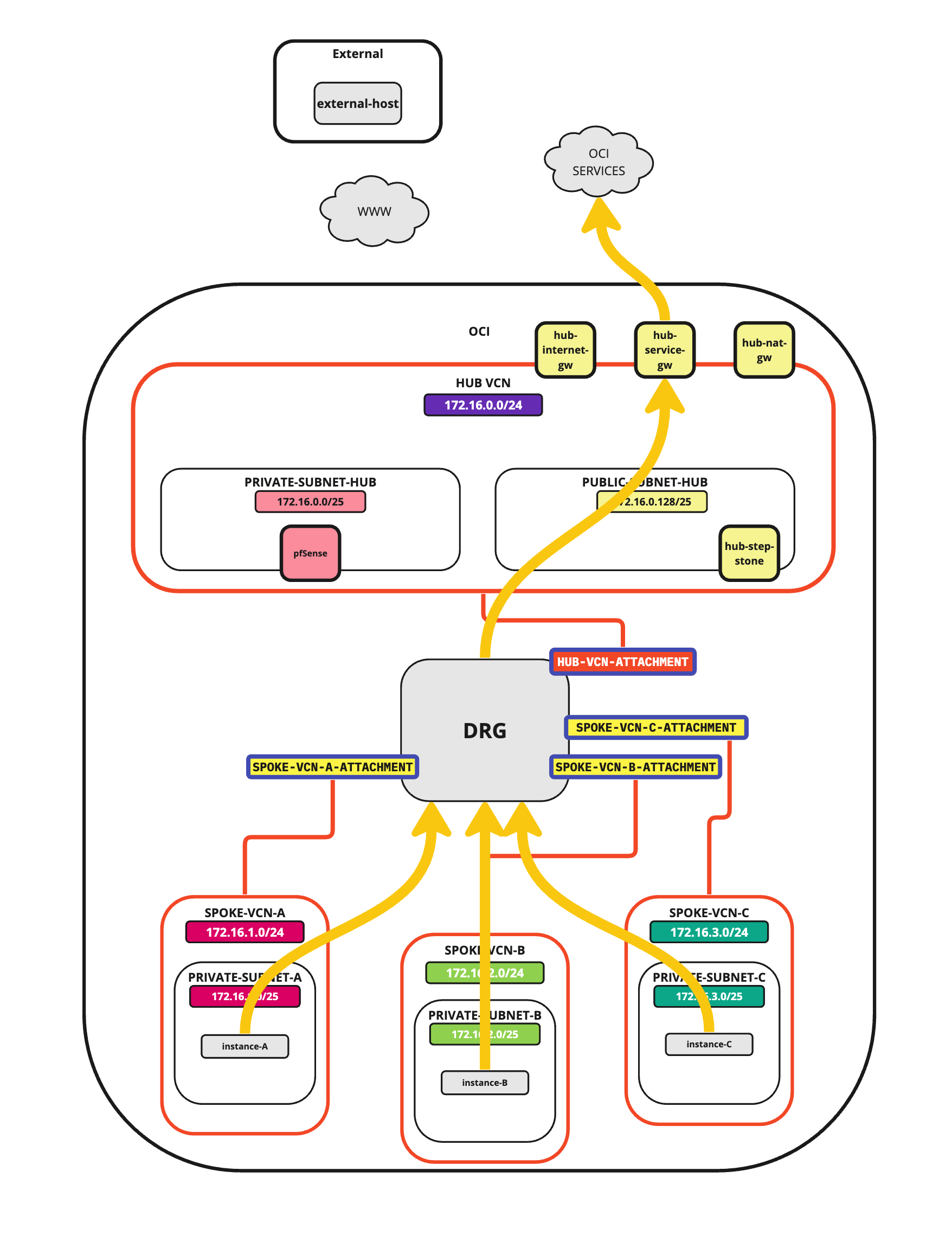

このチュートリアルでは、3つのスポークSCNを持つハブVCNを構成する方法について説明します。ハブVCNには、pfSenseファイアウォールと、インターネットおよびOCIサービス・ネットワークへの接続が含まれます。他のスポークVCNと通信する必要がある、またはインターネットまたはOCIサービス・ネットワークと通信する必要がある、スポークVCNからのすべてのネットワーク・トラフィックは、ファイアウォール検査のためにハブVCNを渡す必要があります。

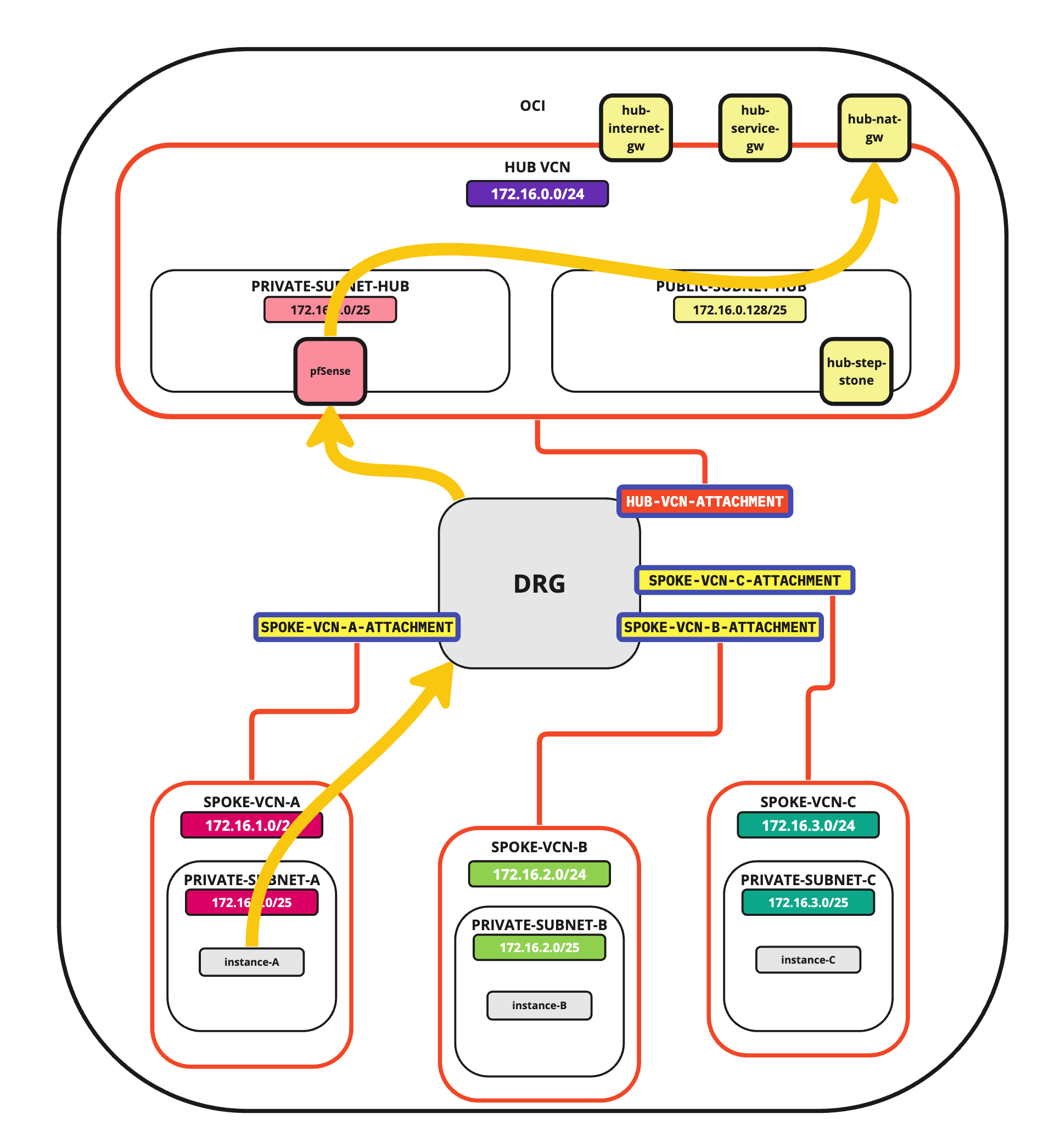

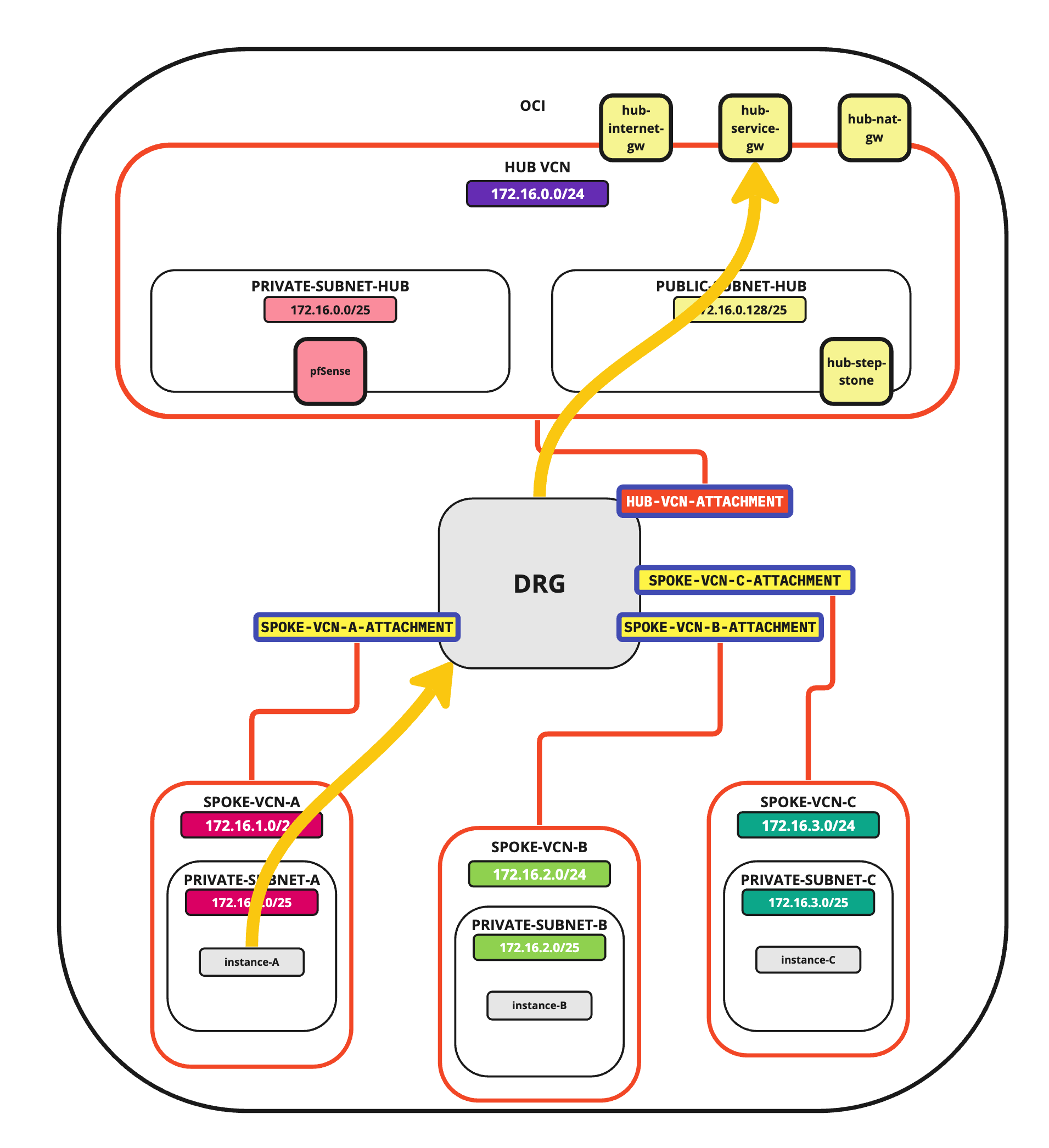

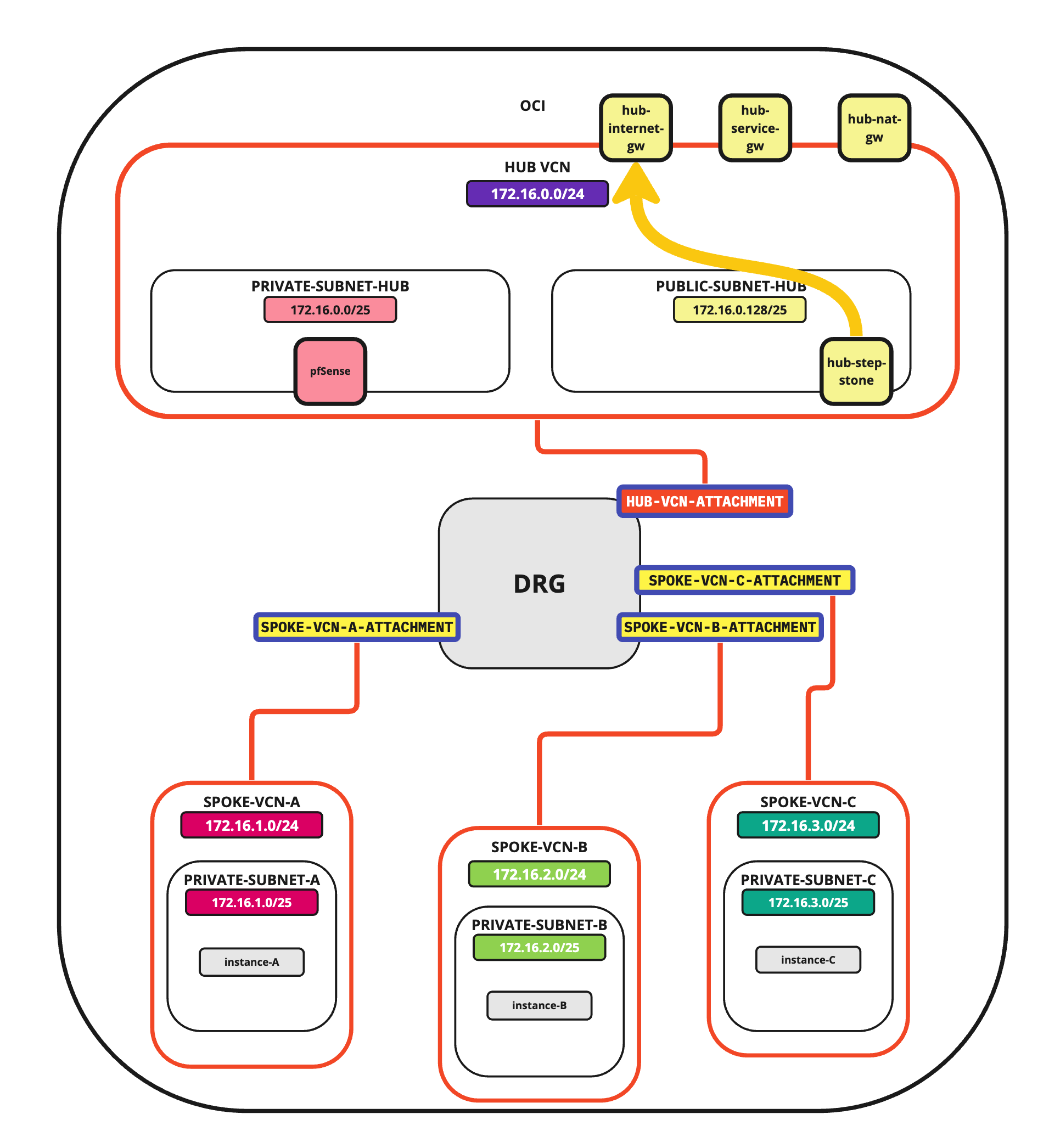

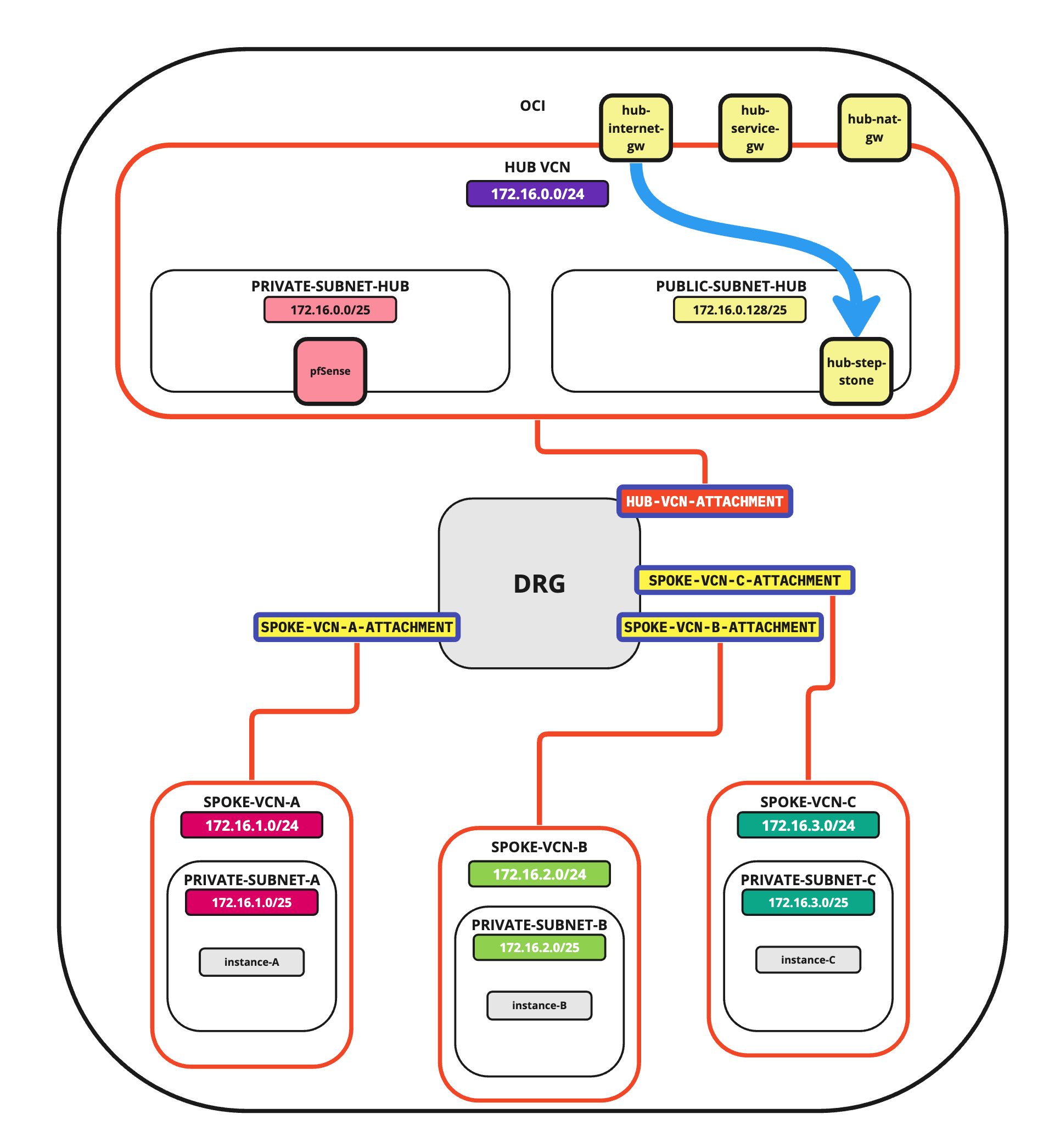

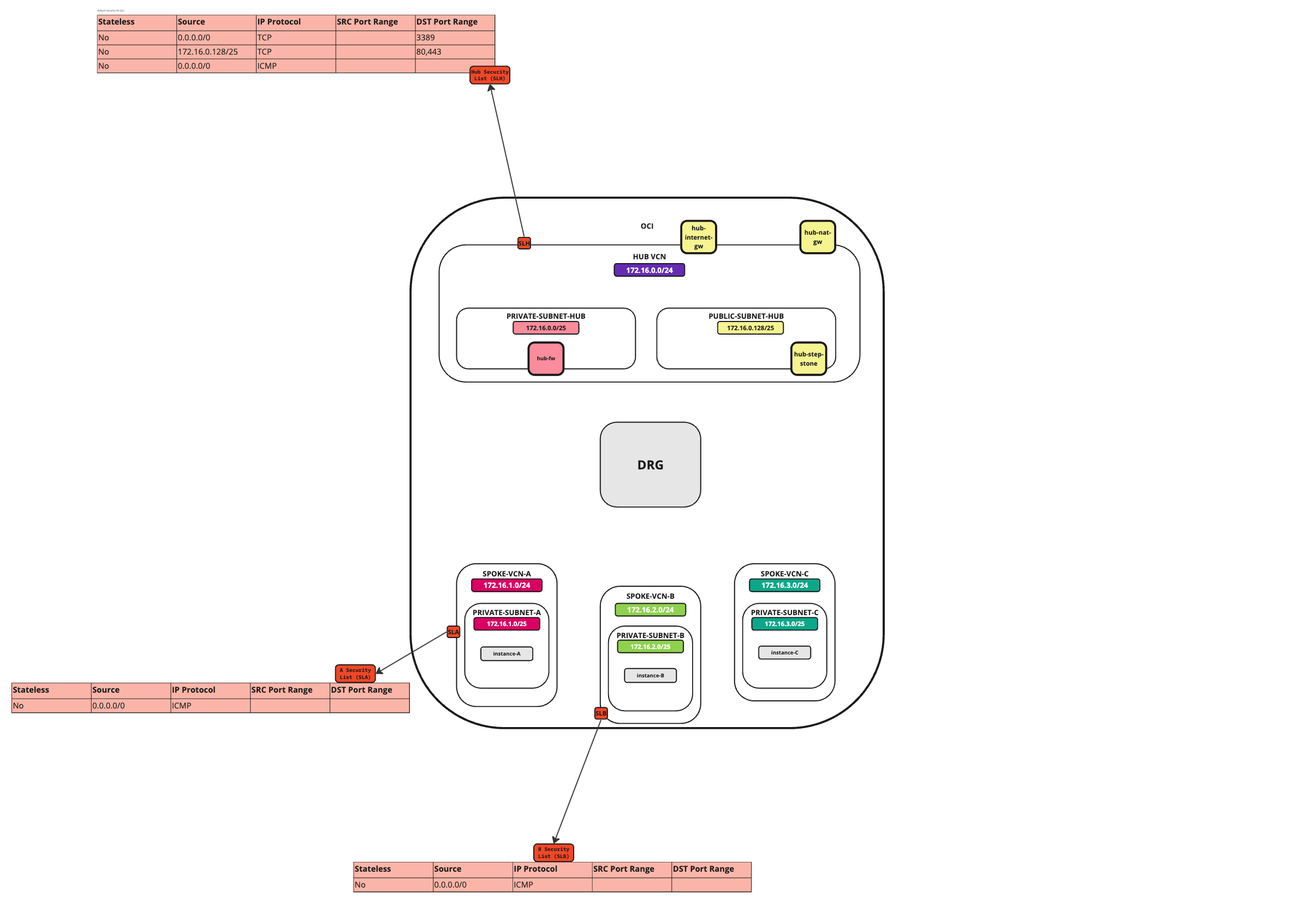

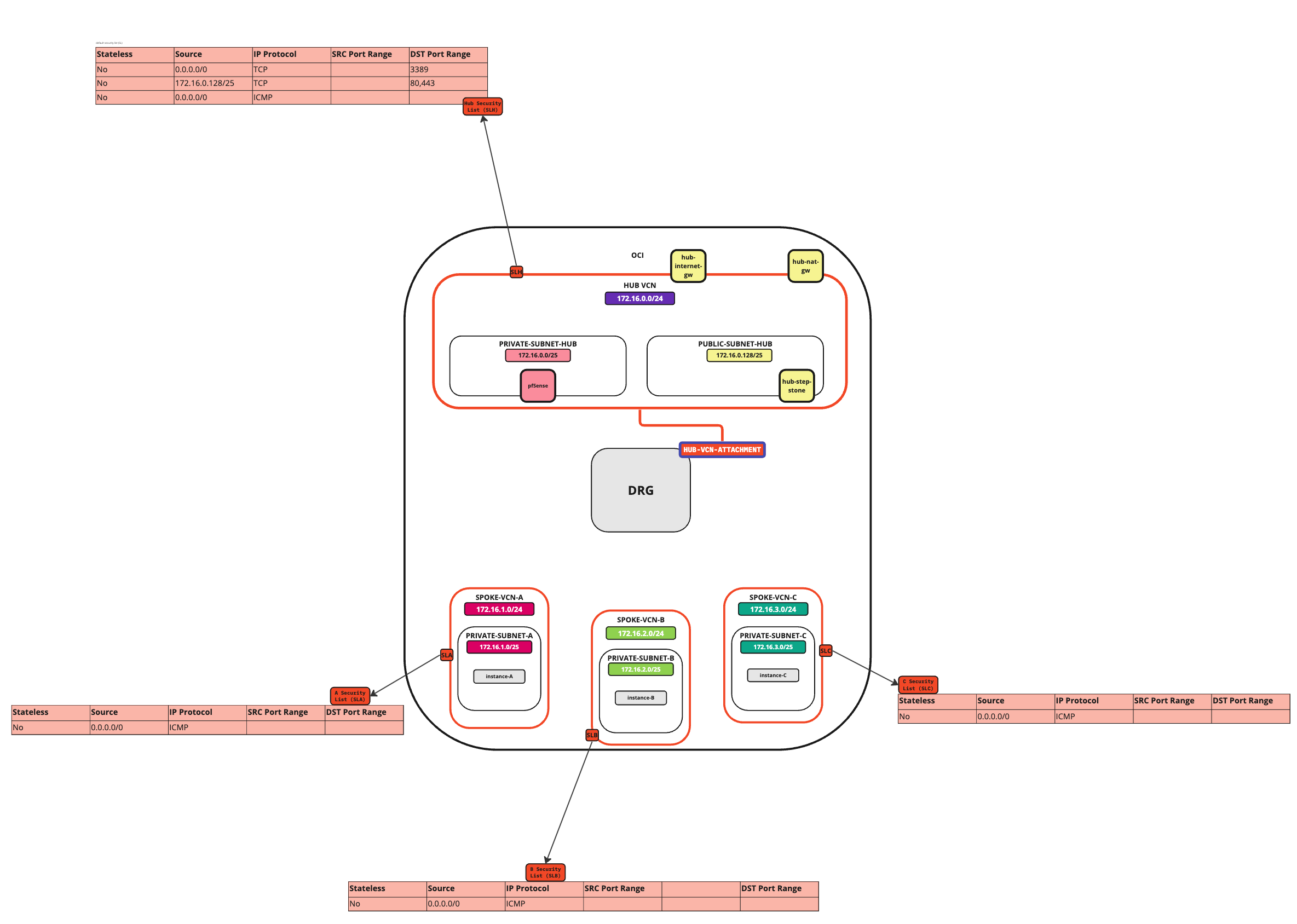

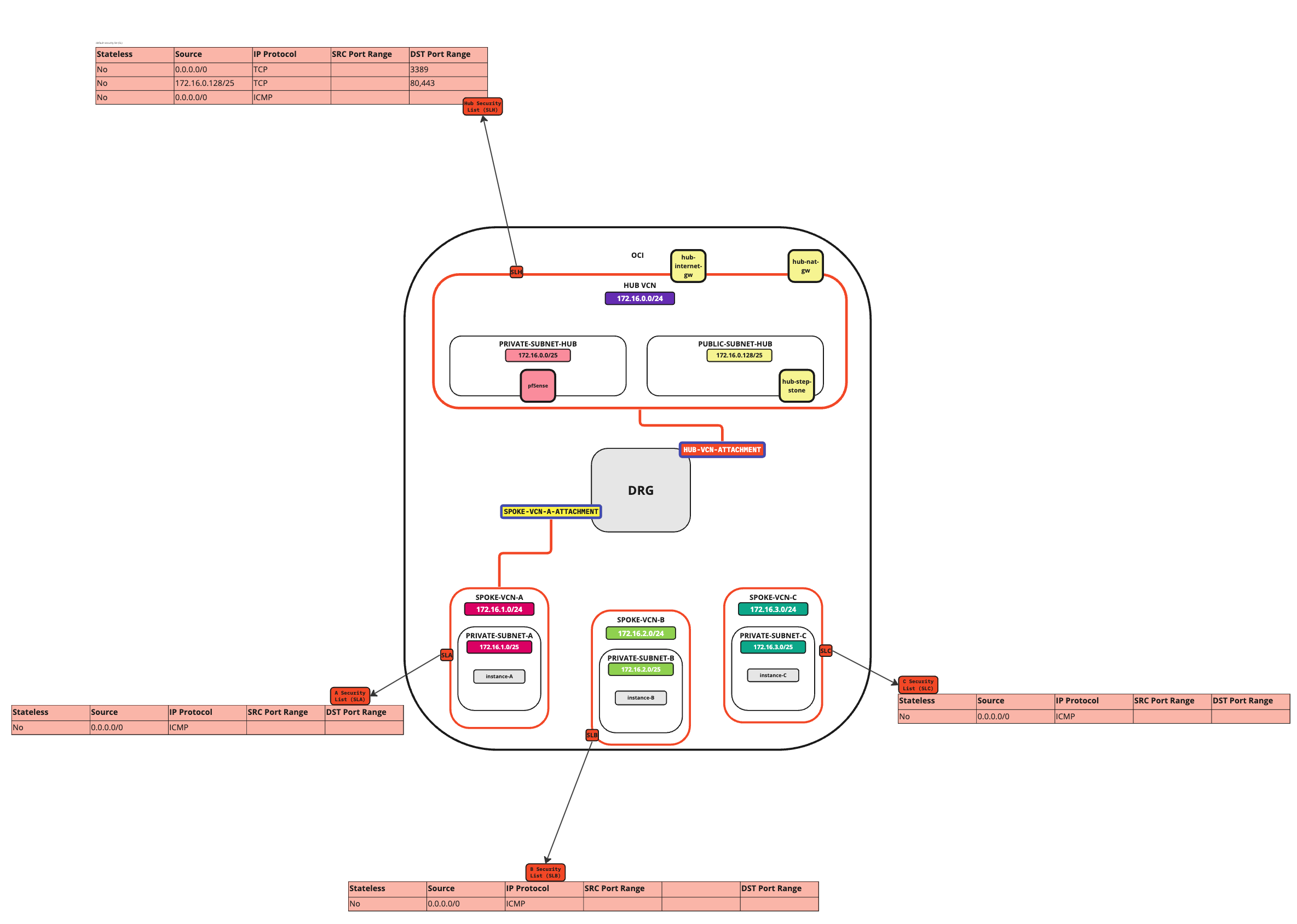

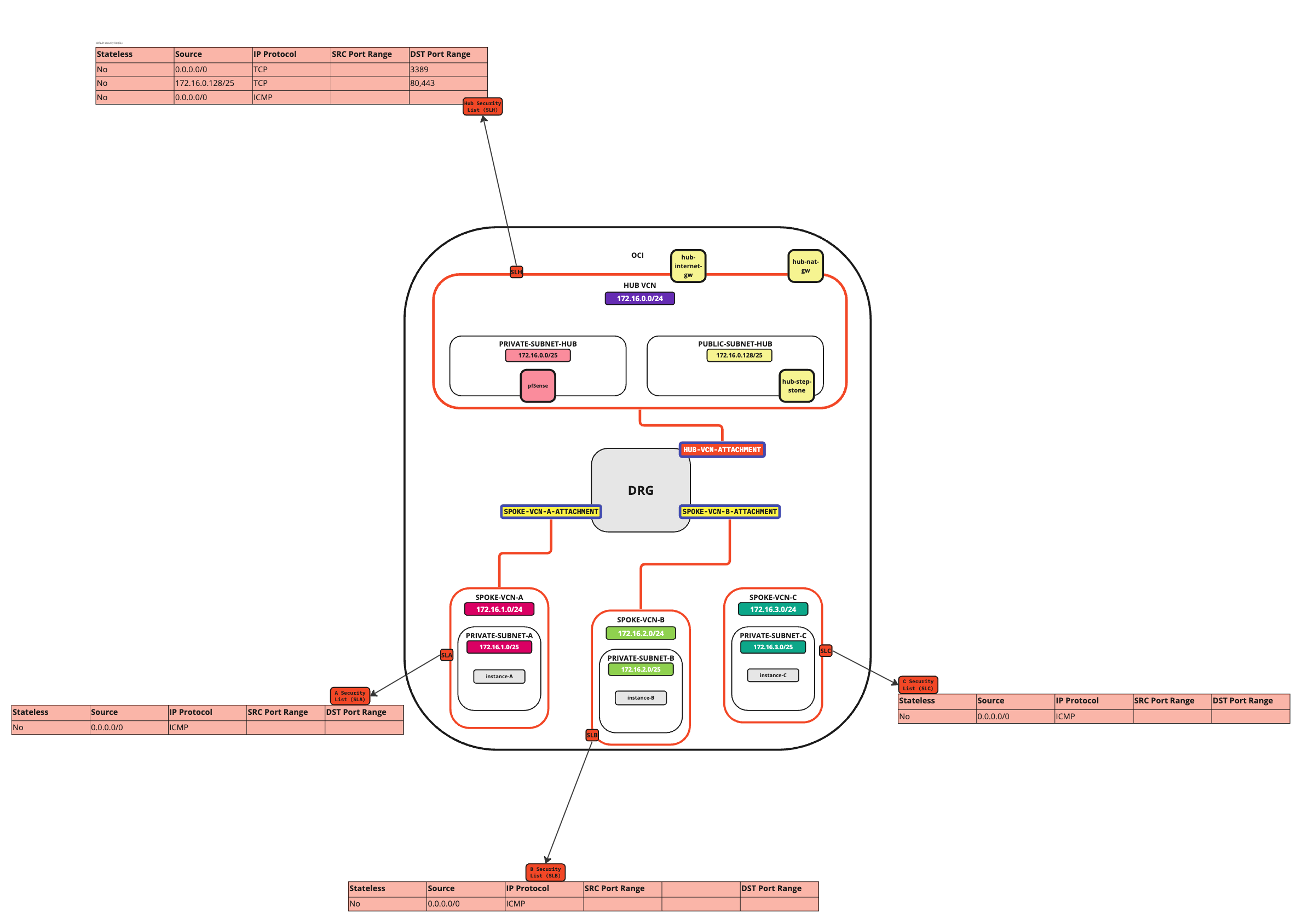

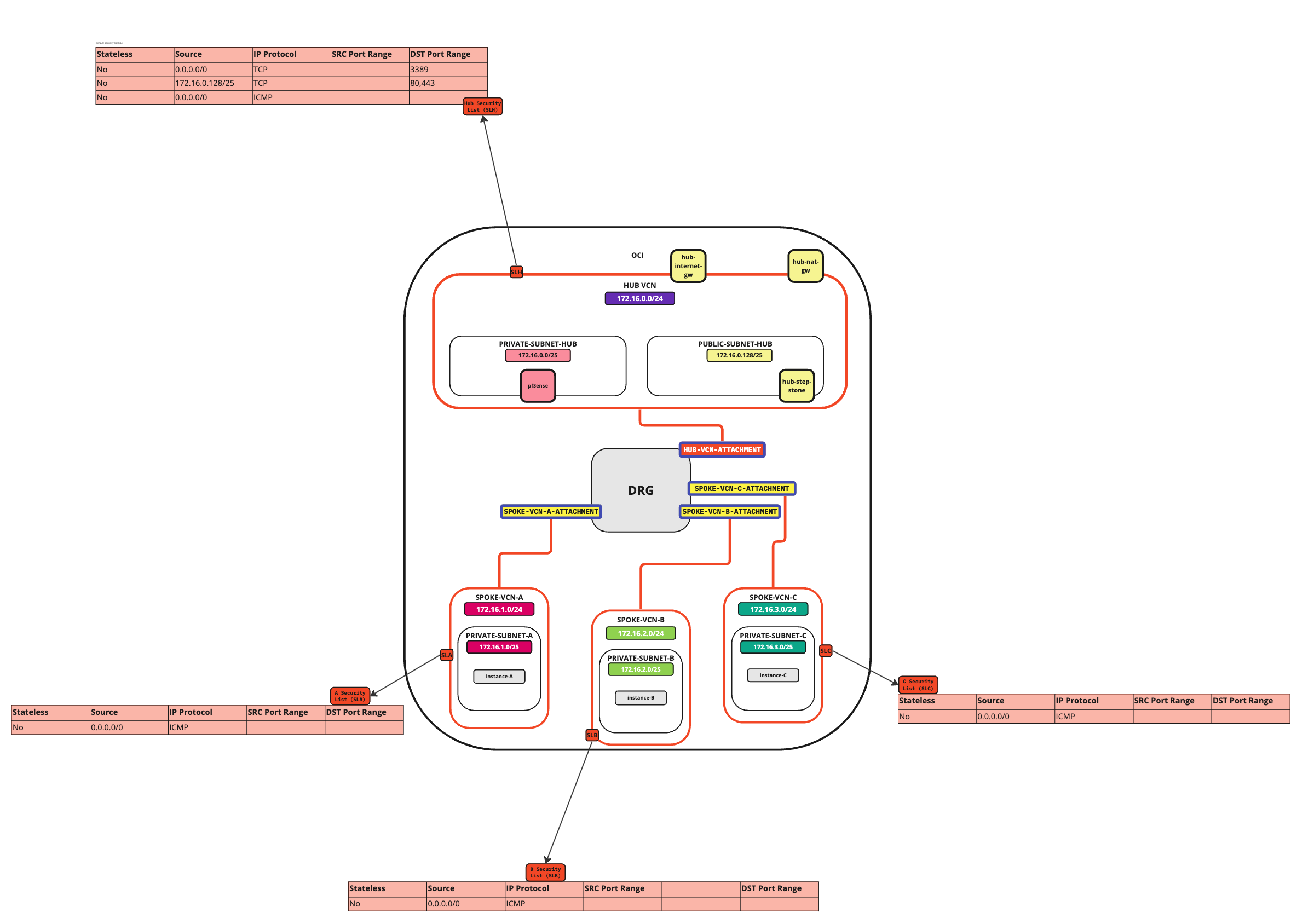

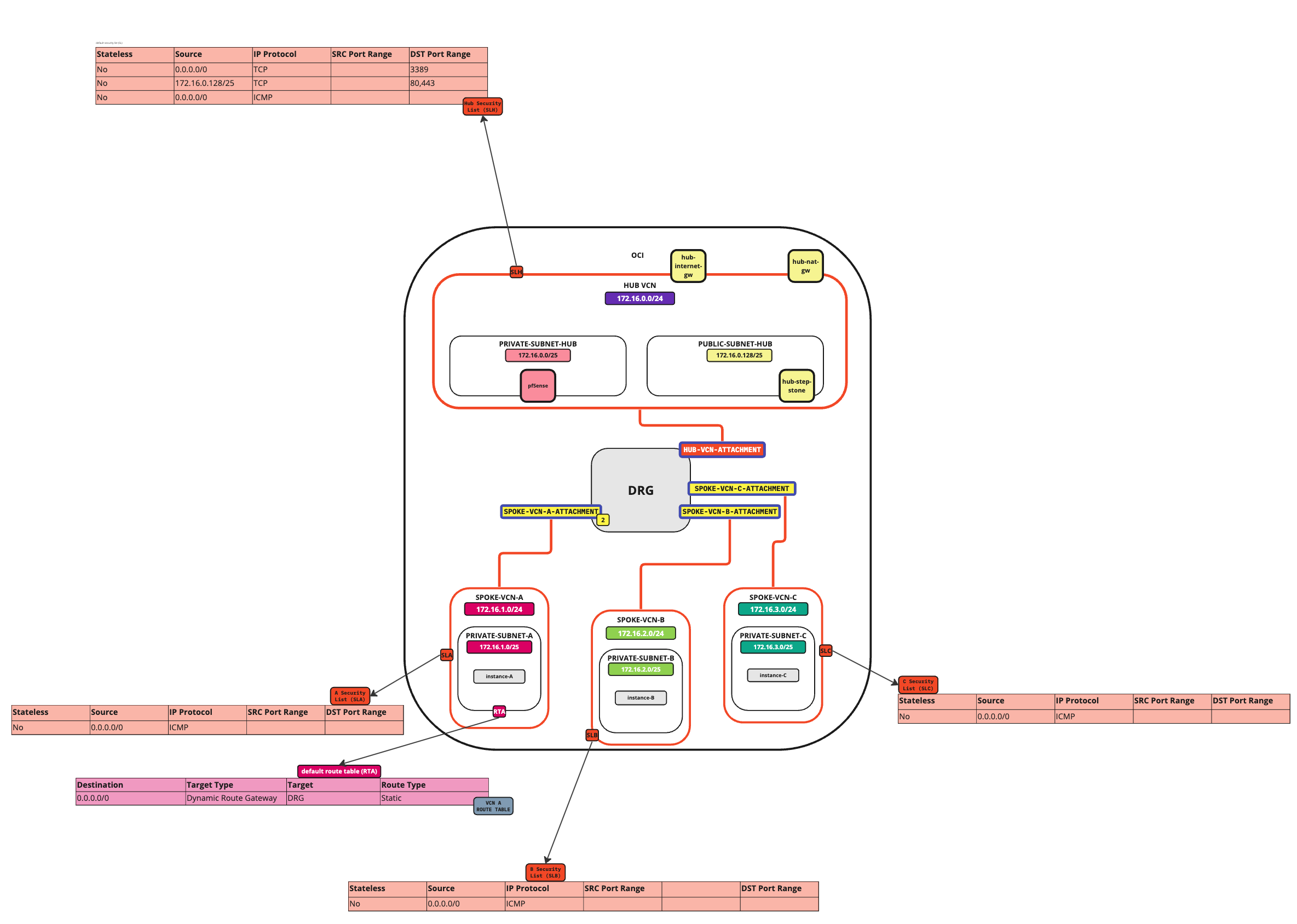

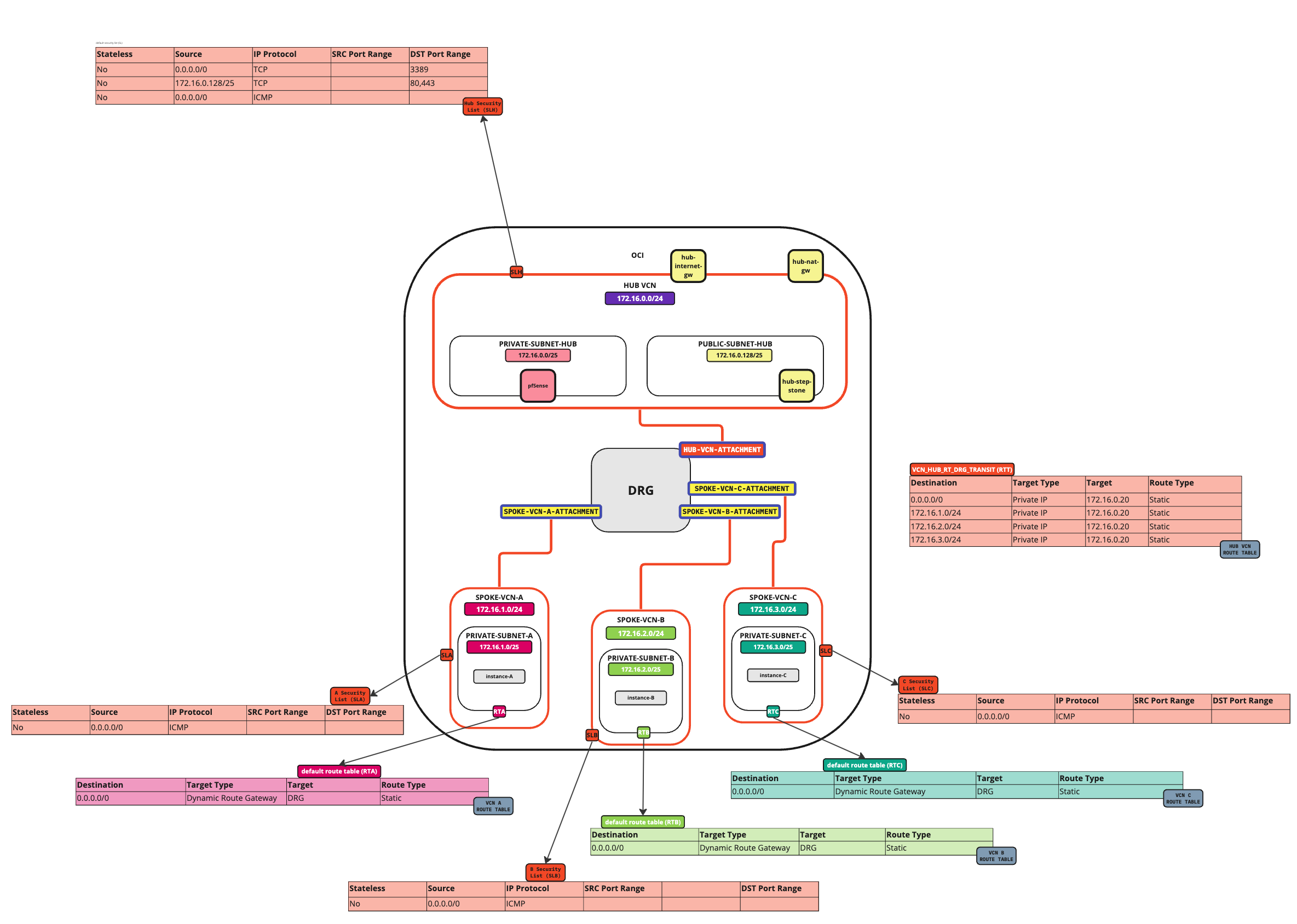

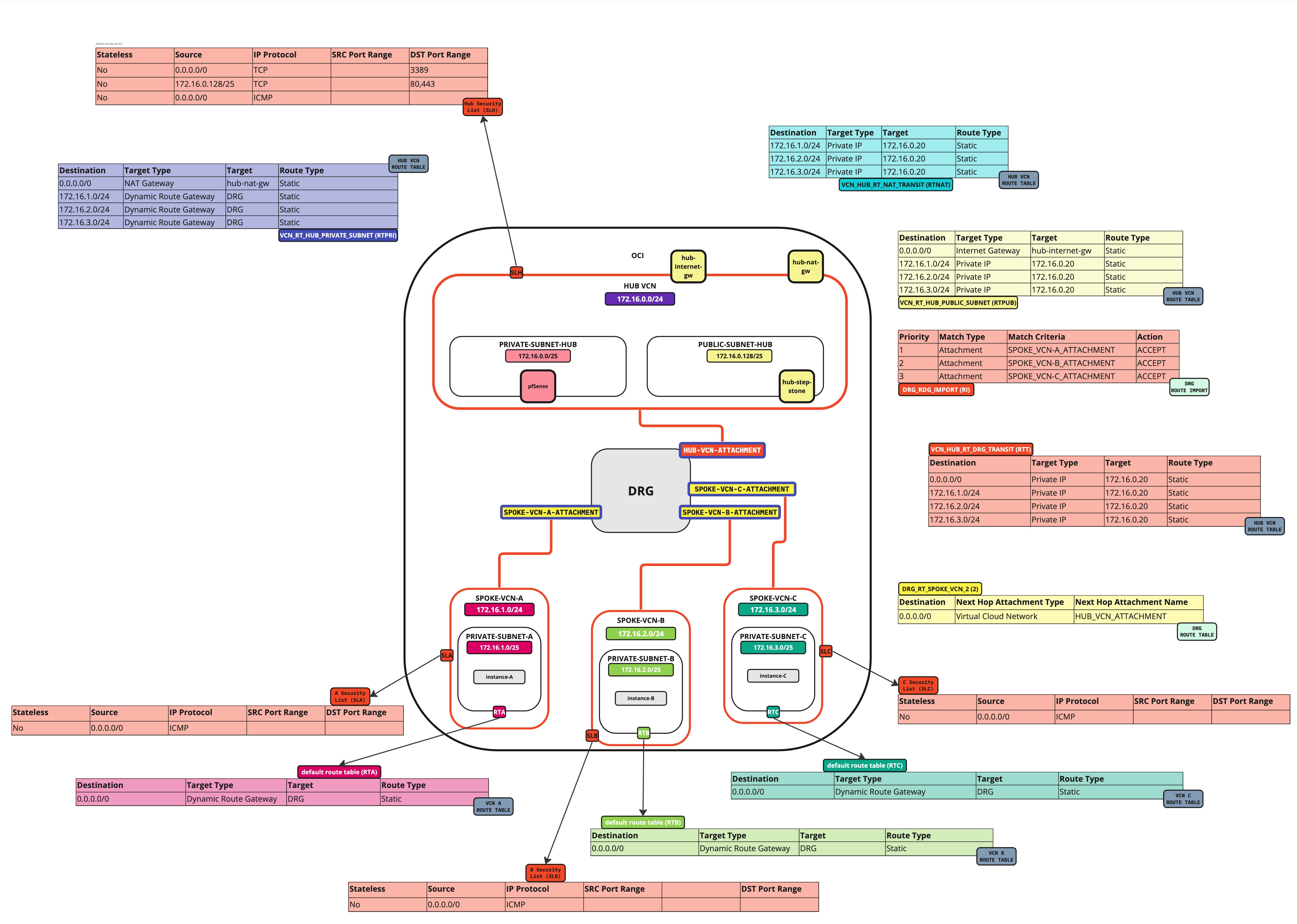

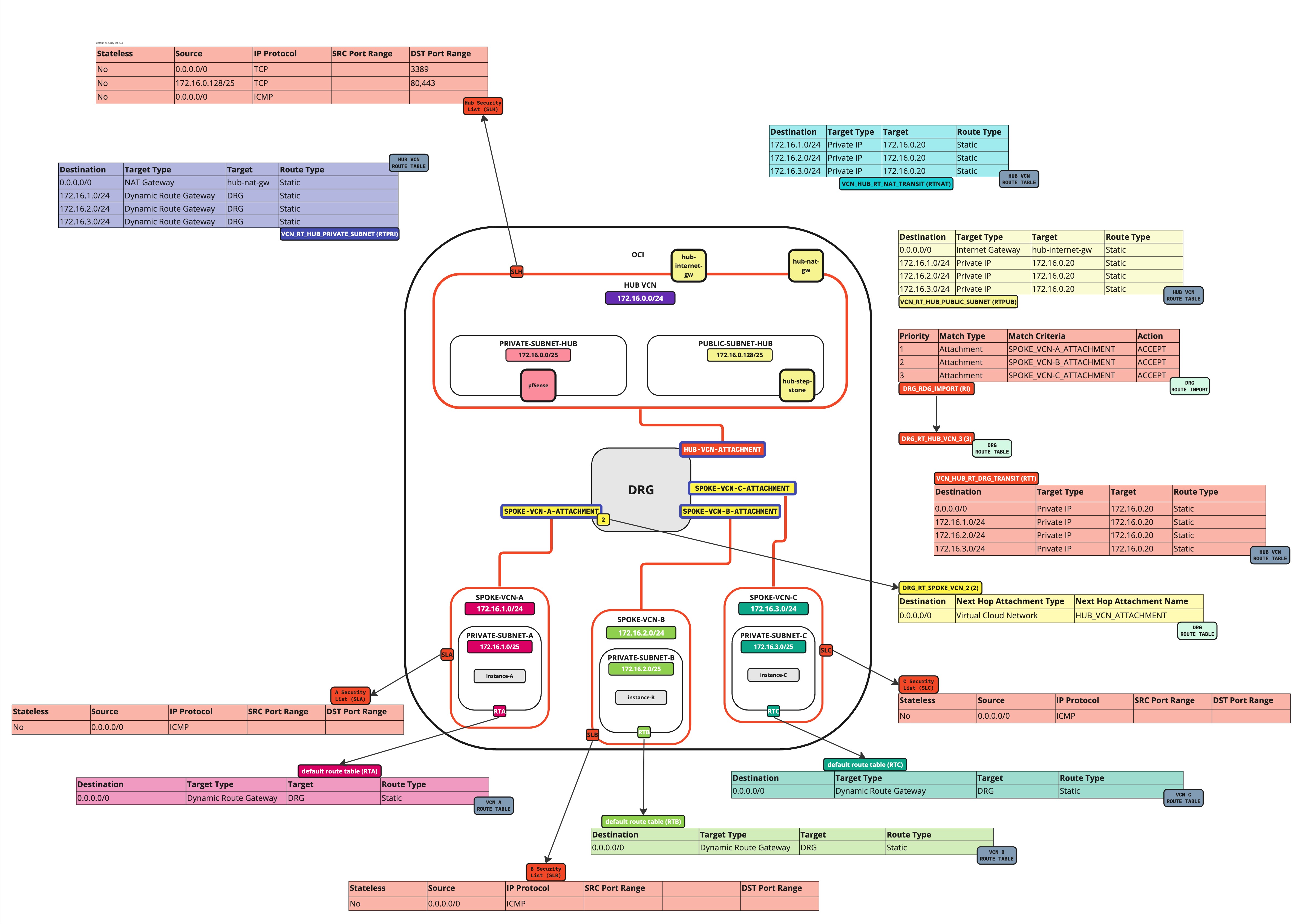

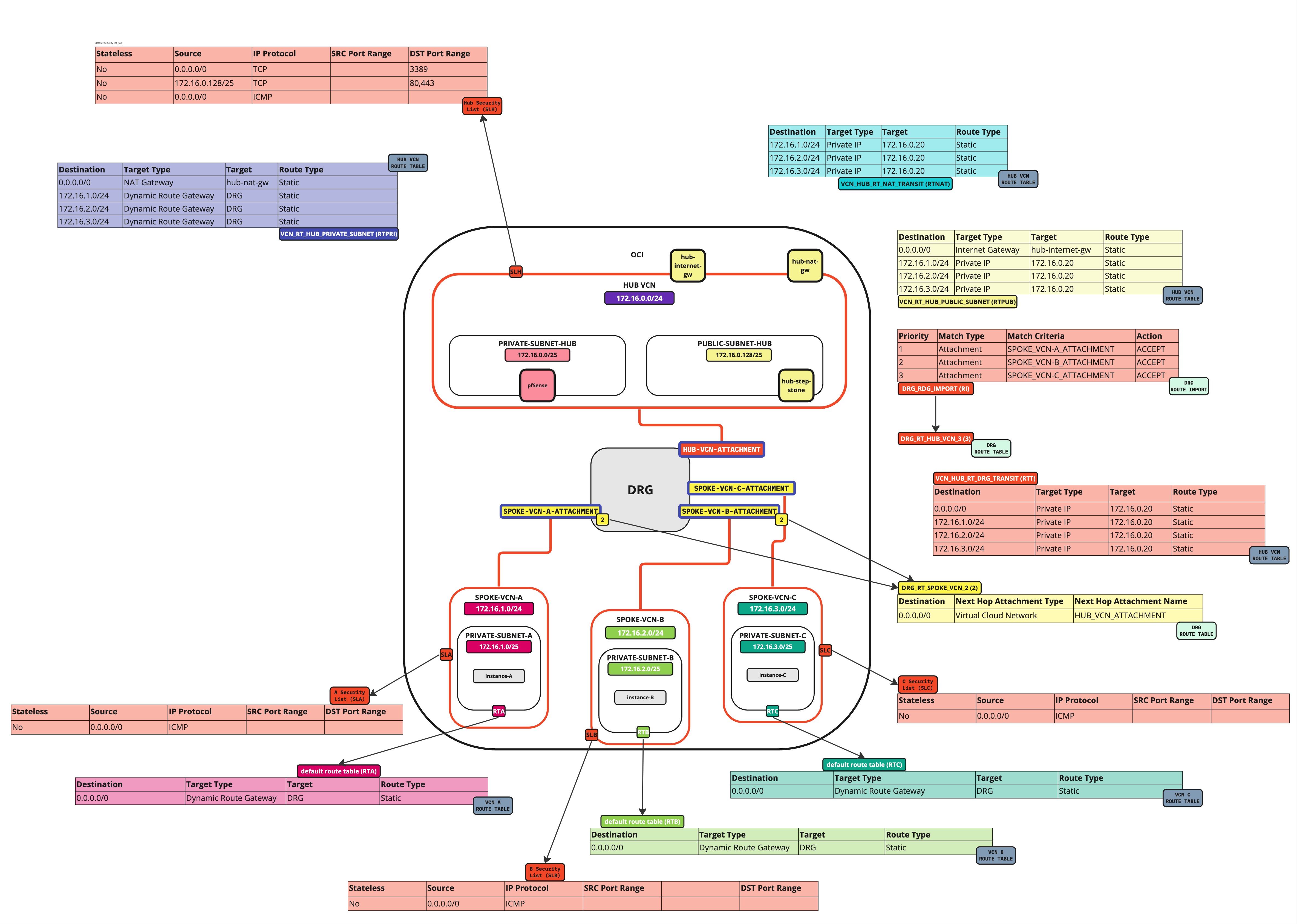

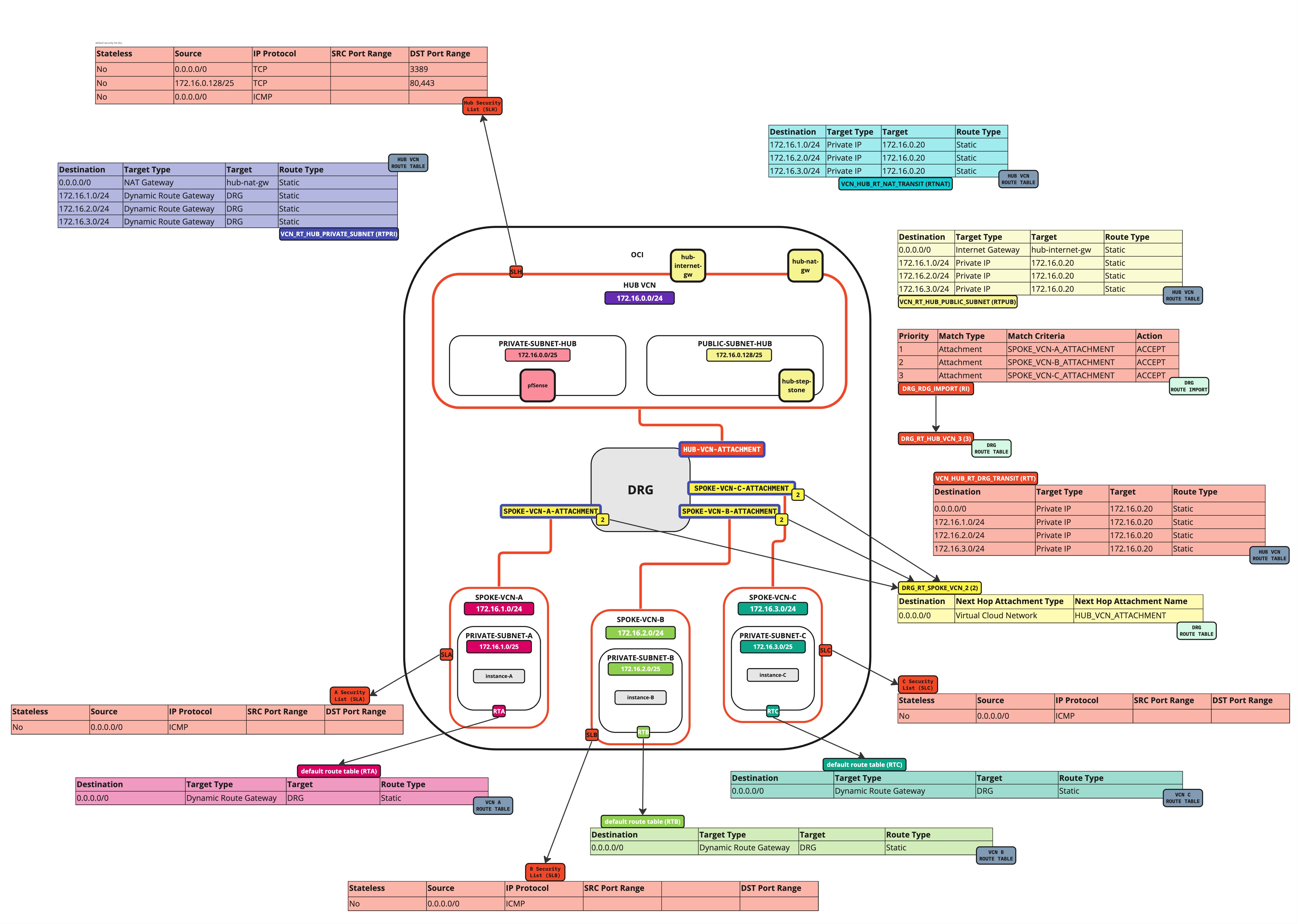

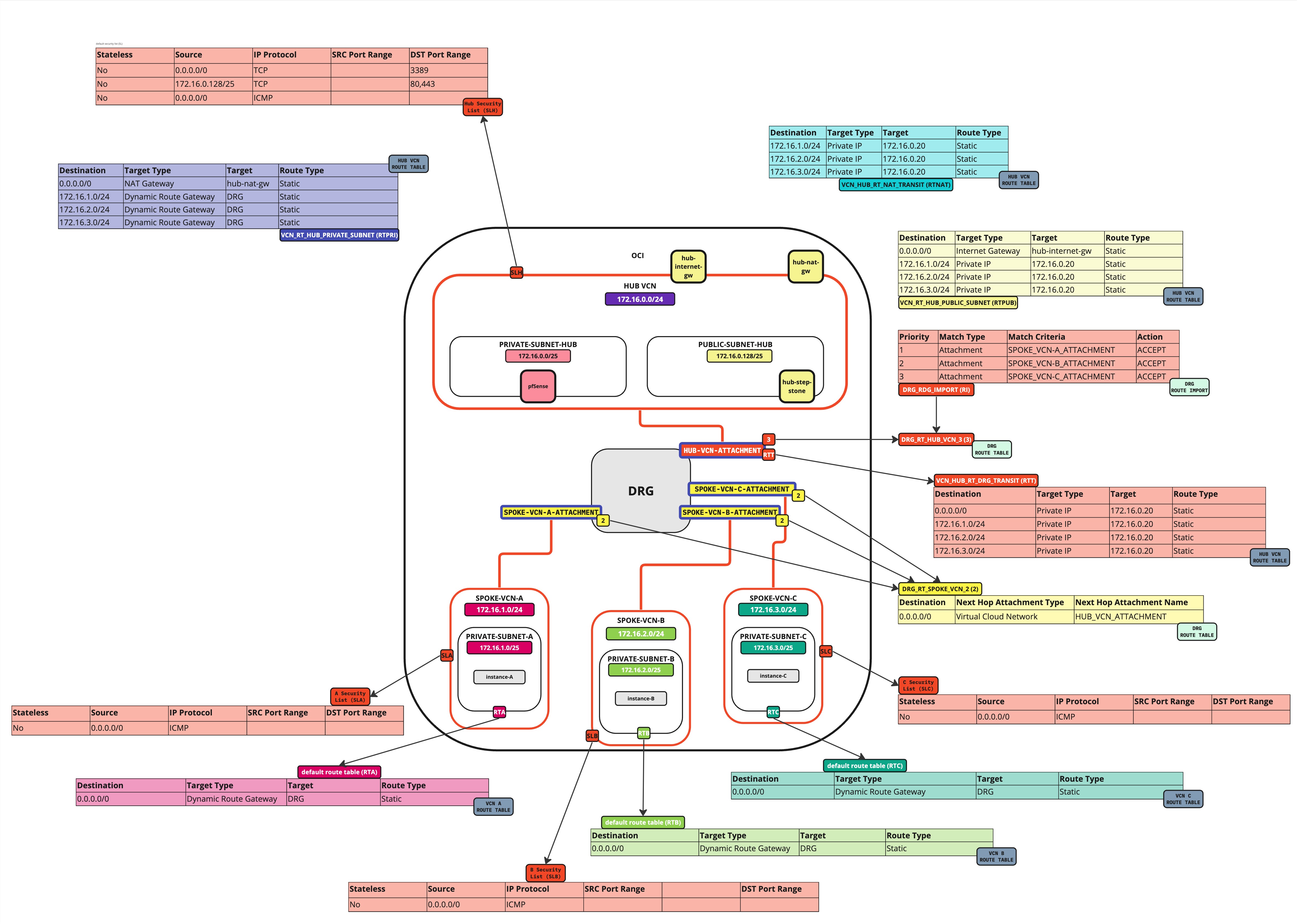

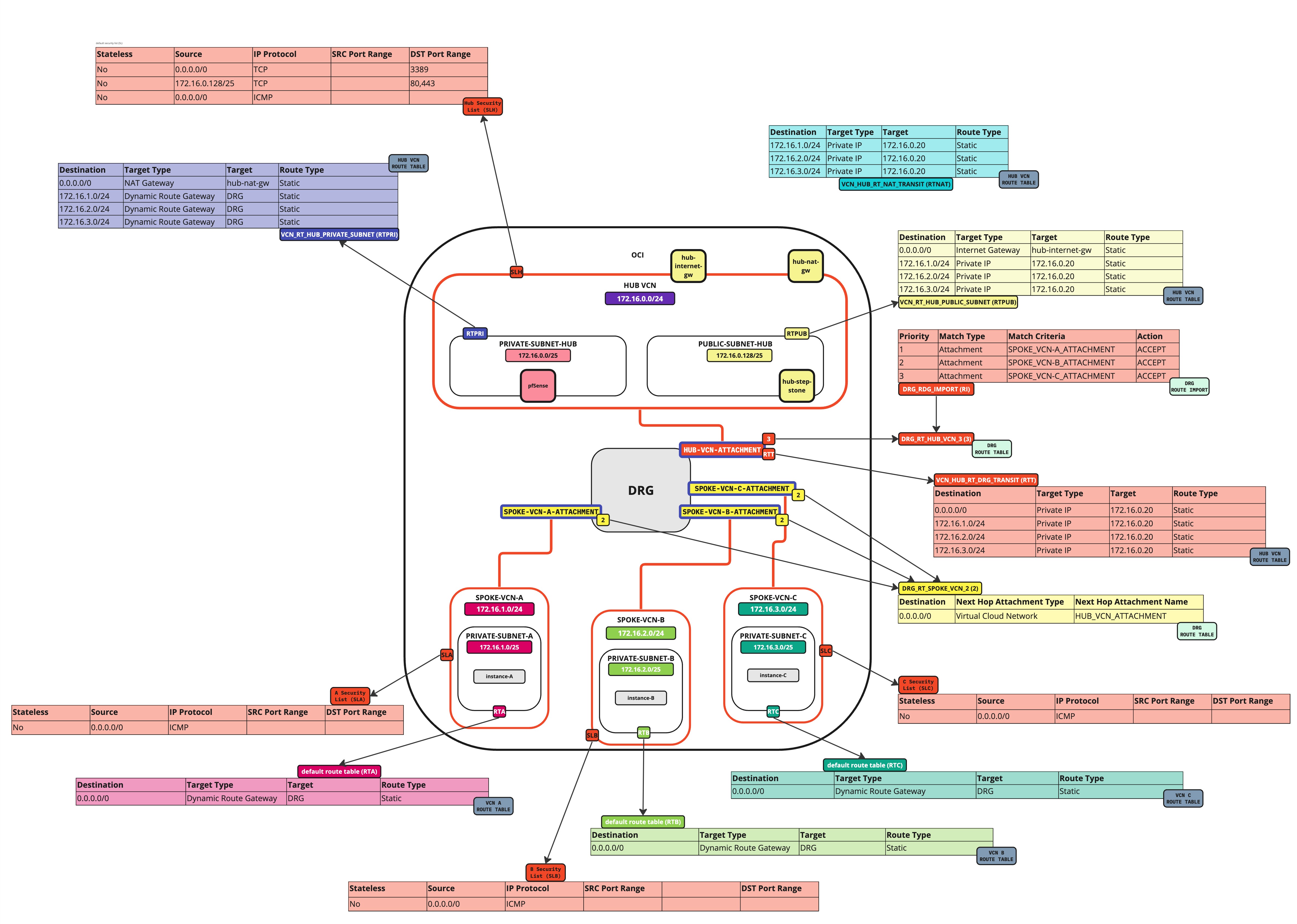

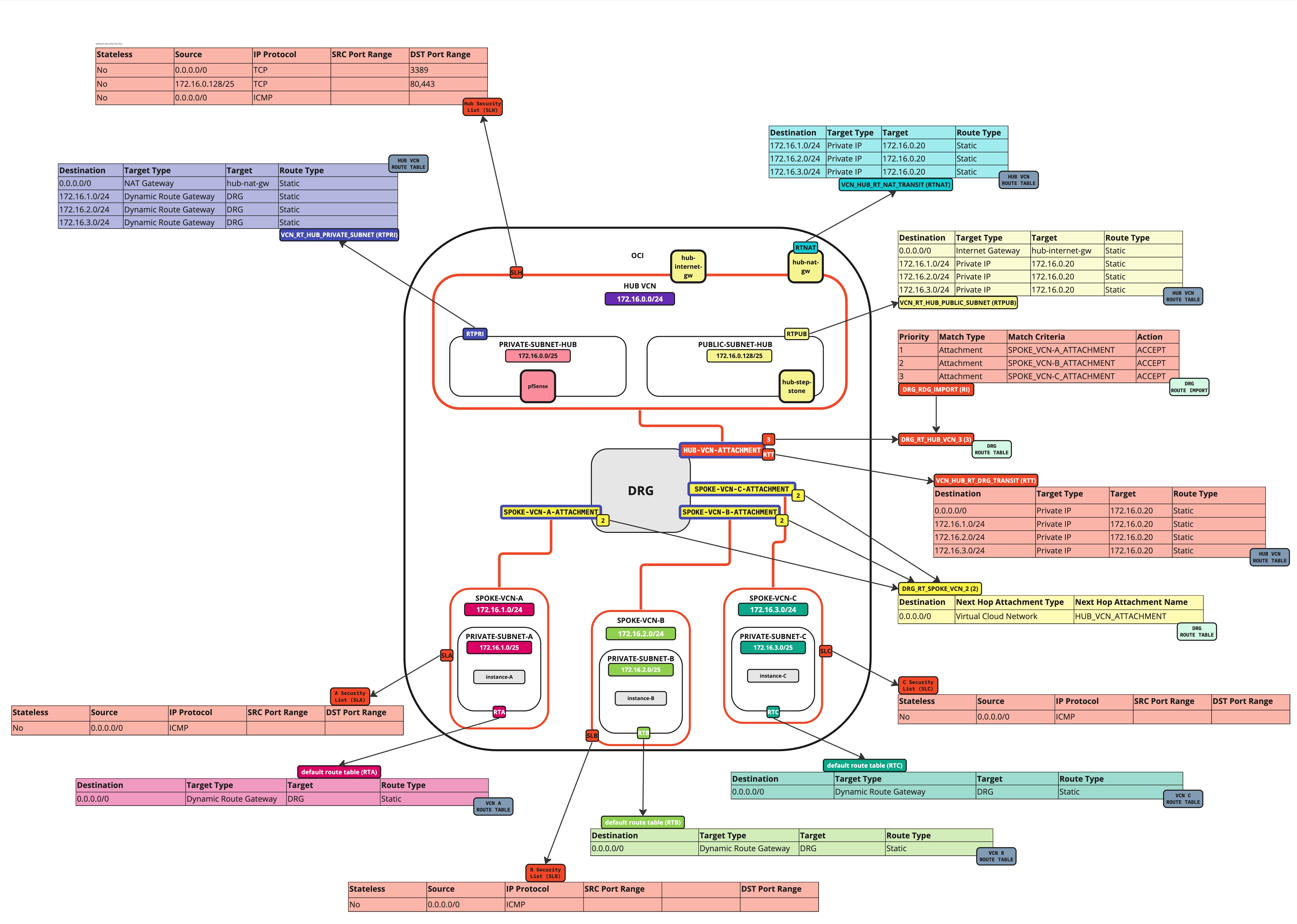

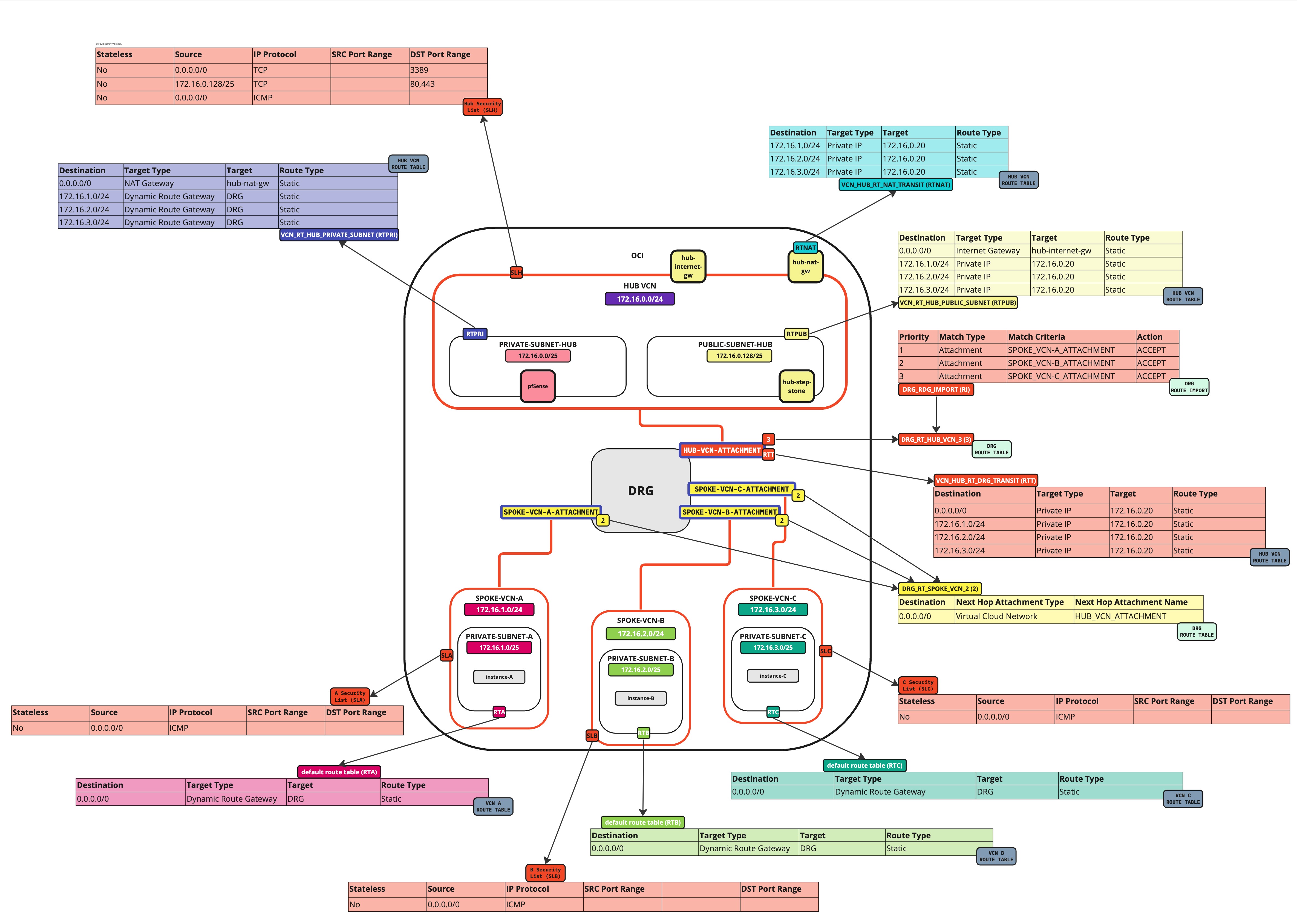

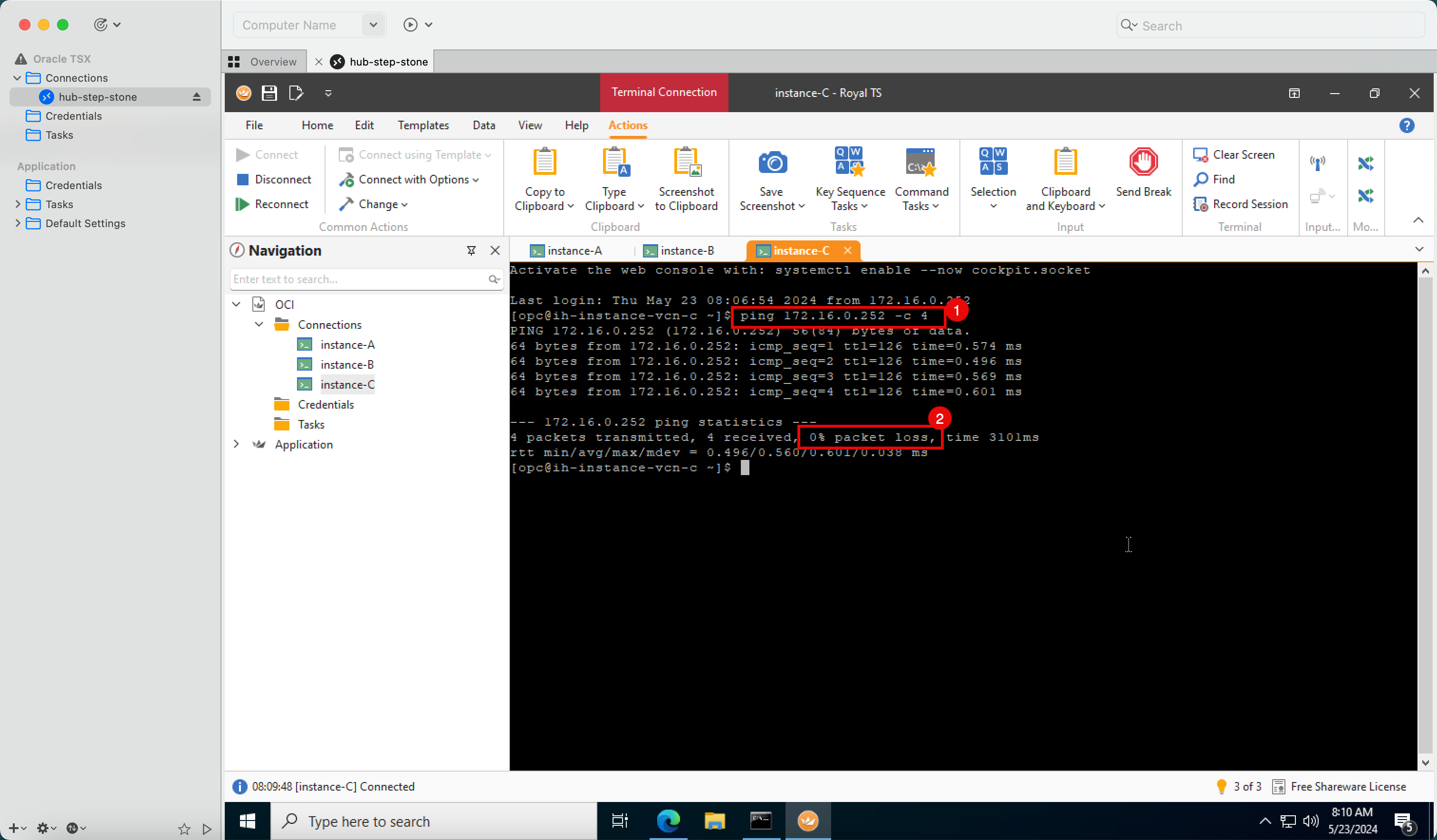

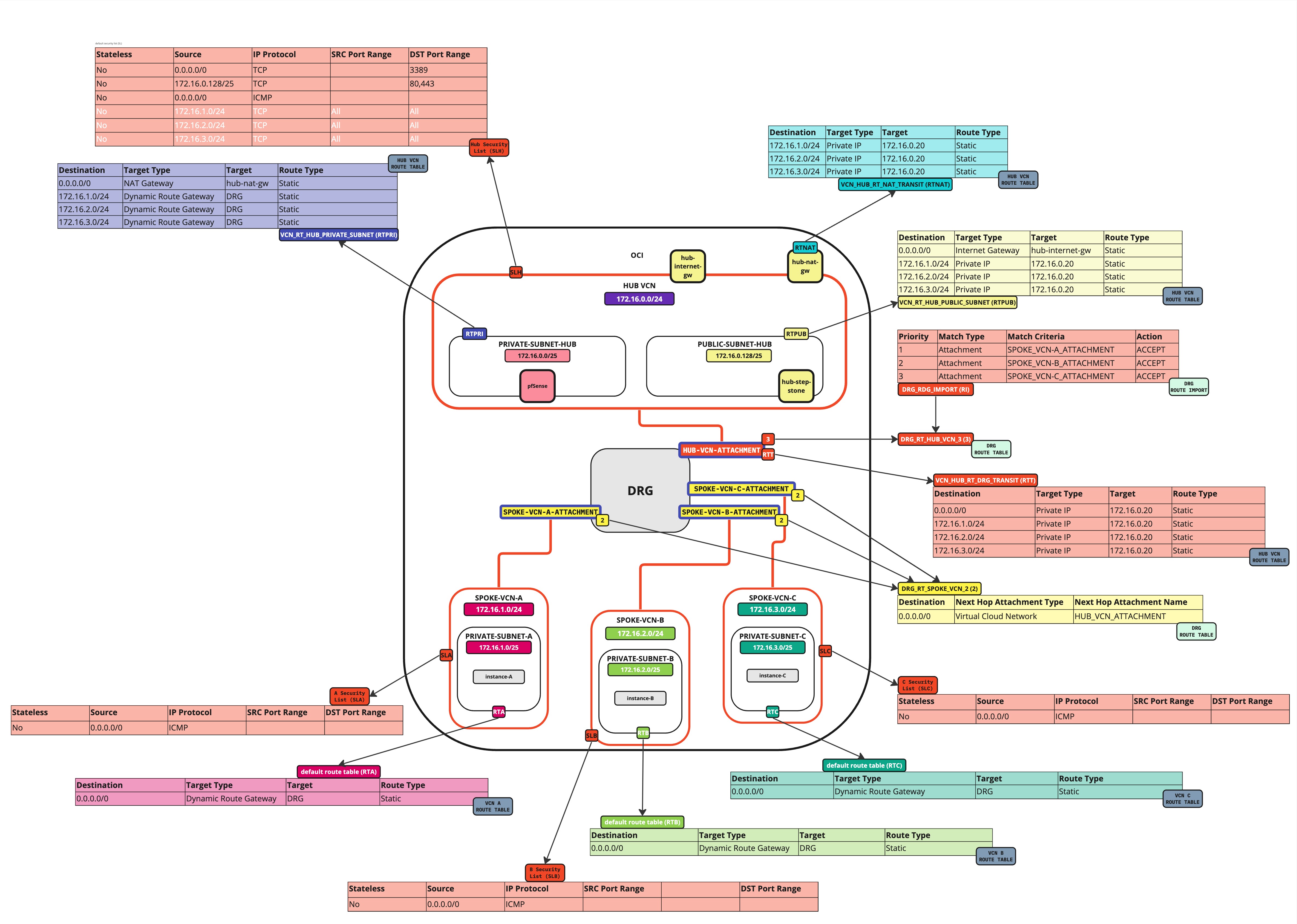

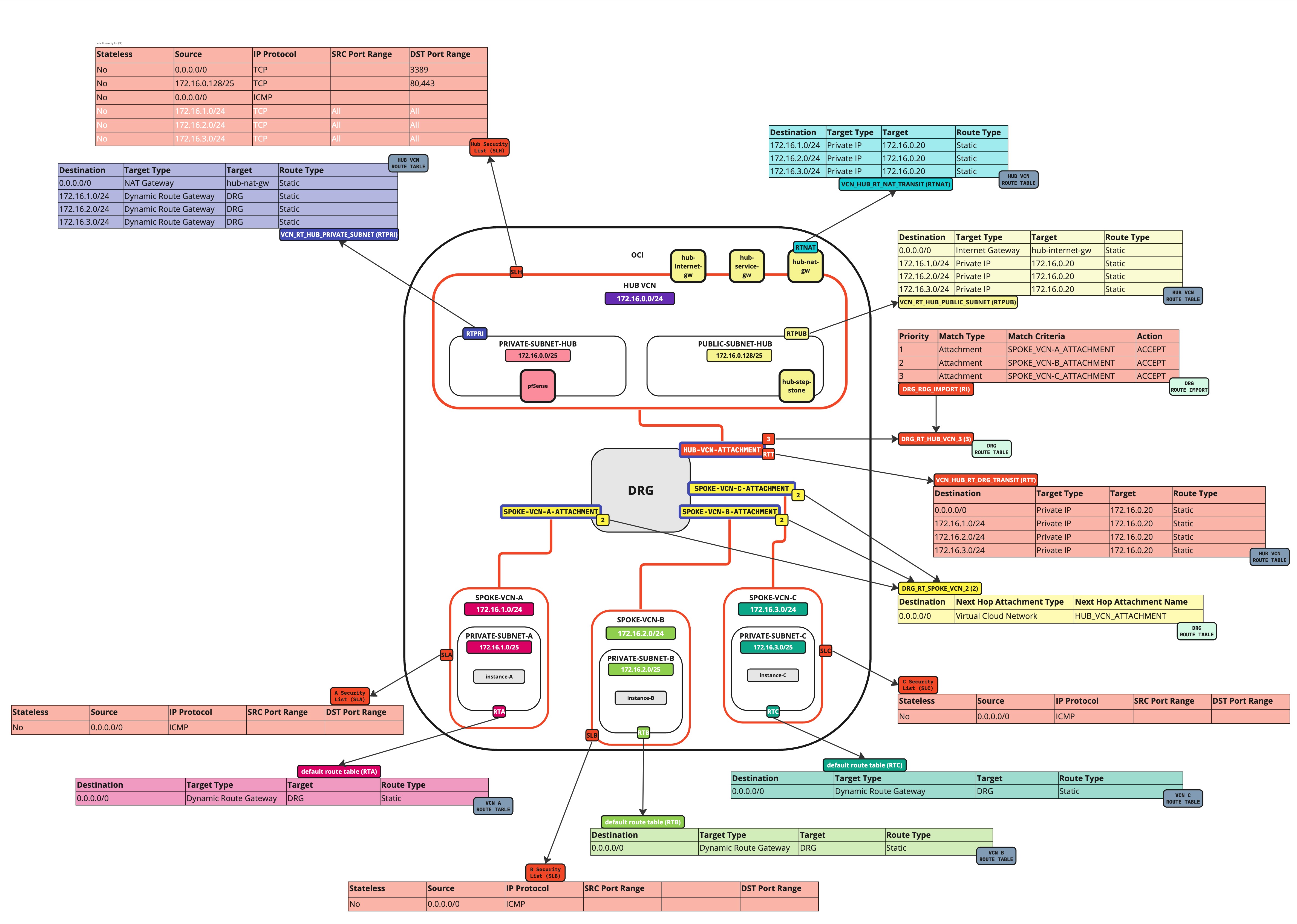

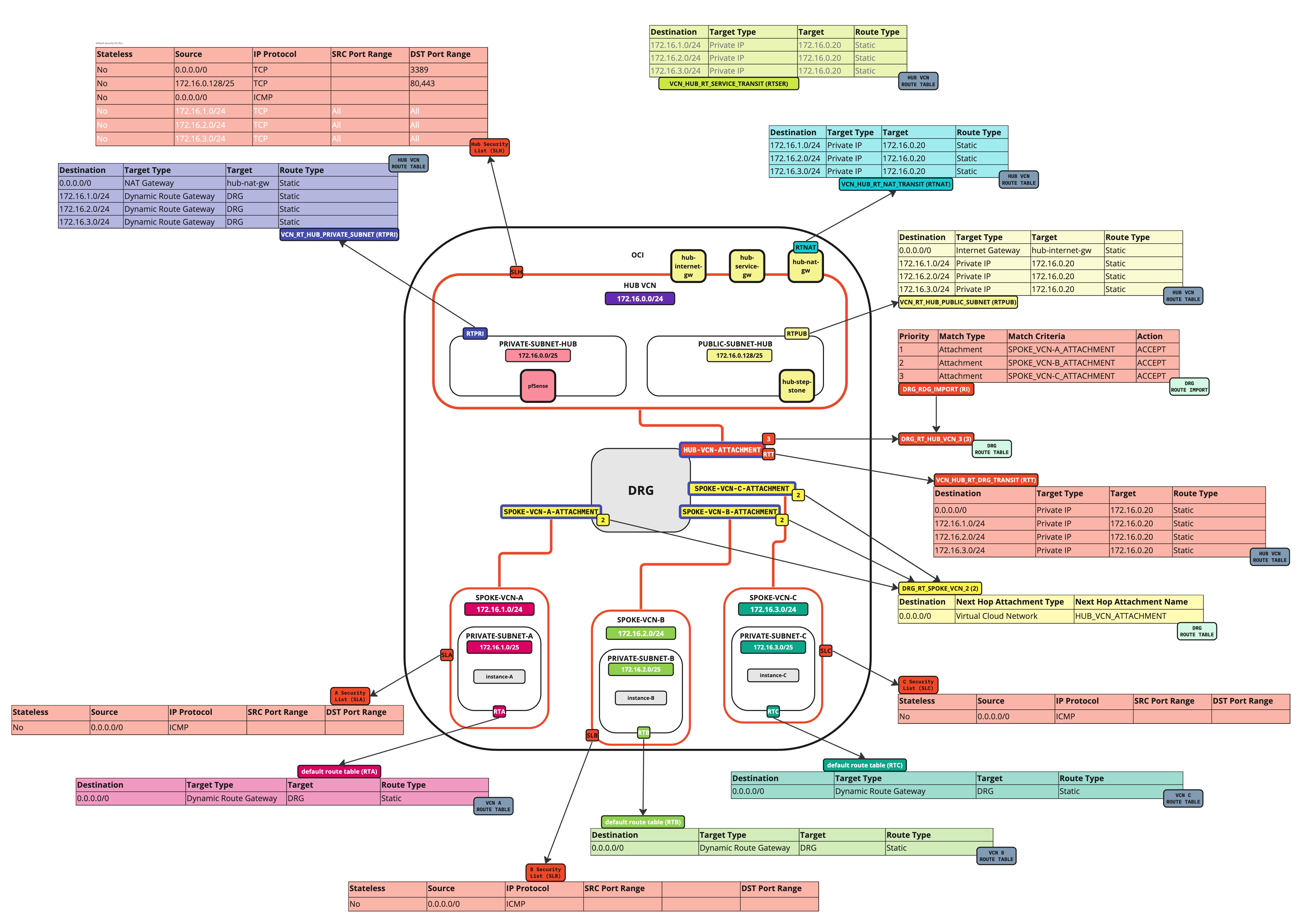

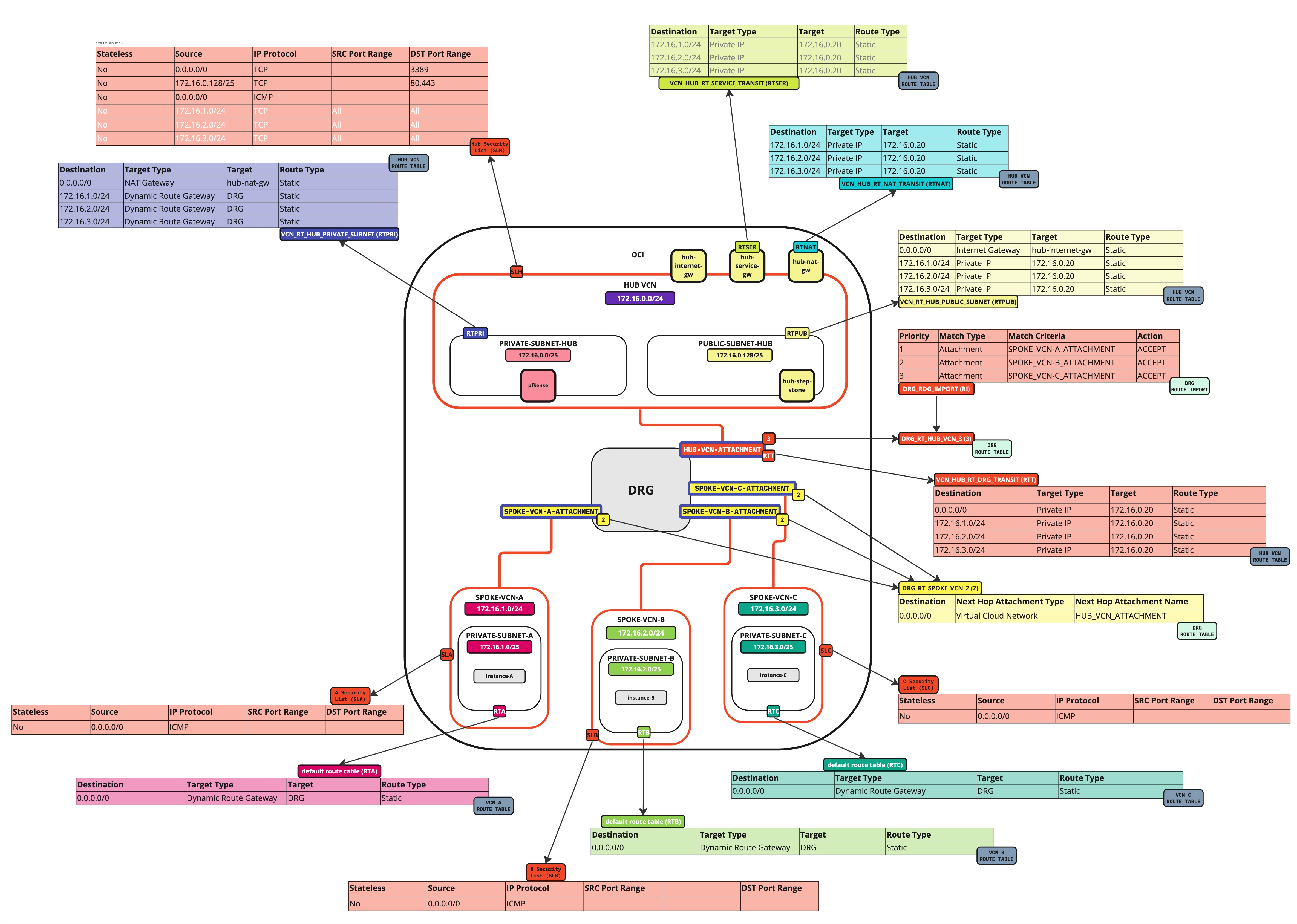

次の図は、トラフィック・フローを示しています。

-

スポークとスポーク間の接続性

-

スポークからハブへの接続

-

Hub to Spoke接続

-

インターネット接続へのスポーク

-

スポークからサービスへの接続

-

ハブからインターネットへの接続

-

インターネットからハブへの接続

ノート:このチュートリアルでは、スポークで複数のネットワークを使用します。

- VCNサブネットのスポーク:

172.16.1.0/25。 - スポークB VCNサブネット:

172.16.2.0/25。 - スポークC VCNサブネット:

172.16.3.0/25。

- VCNサブネットのスポーク:

目的

-

ハブおよびスポーク・ルーティングが完全に構成されたOCIルーティング環境を設定します。すべてのネットワーク・トラフィックを、ハブVCNに、スポークからのすべてのトラフィックを検査するファイアウォールが含まれるハブVCNにルーティングします。

- タスク1:ハブおよびスポークSCNを作成します。

- タスク2:ハブおよびスポークSCN内にサブネットを作成します。

- タスク3: DRG、インターネット・ゲートウェイおよびNATゲートウェイを作成します。

- タスク4:すべてのVCN内の異なるサブネットにアタッチされたインスタンスを追加します。

- タスク5:ハブVCNにpfSenseファイアウォールを追加します。

- タスク6:セキュリティ・リストでファイアウォール・ルールを開きます。

- タスク7:ハブ・ファイアウォール検査を使用して、異なるVCNとインターネット間のルーティングを構成します。

- タスク8:接続を確認します。

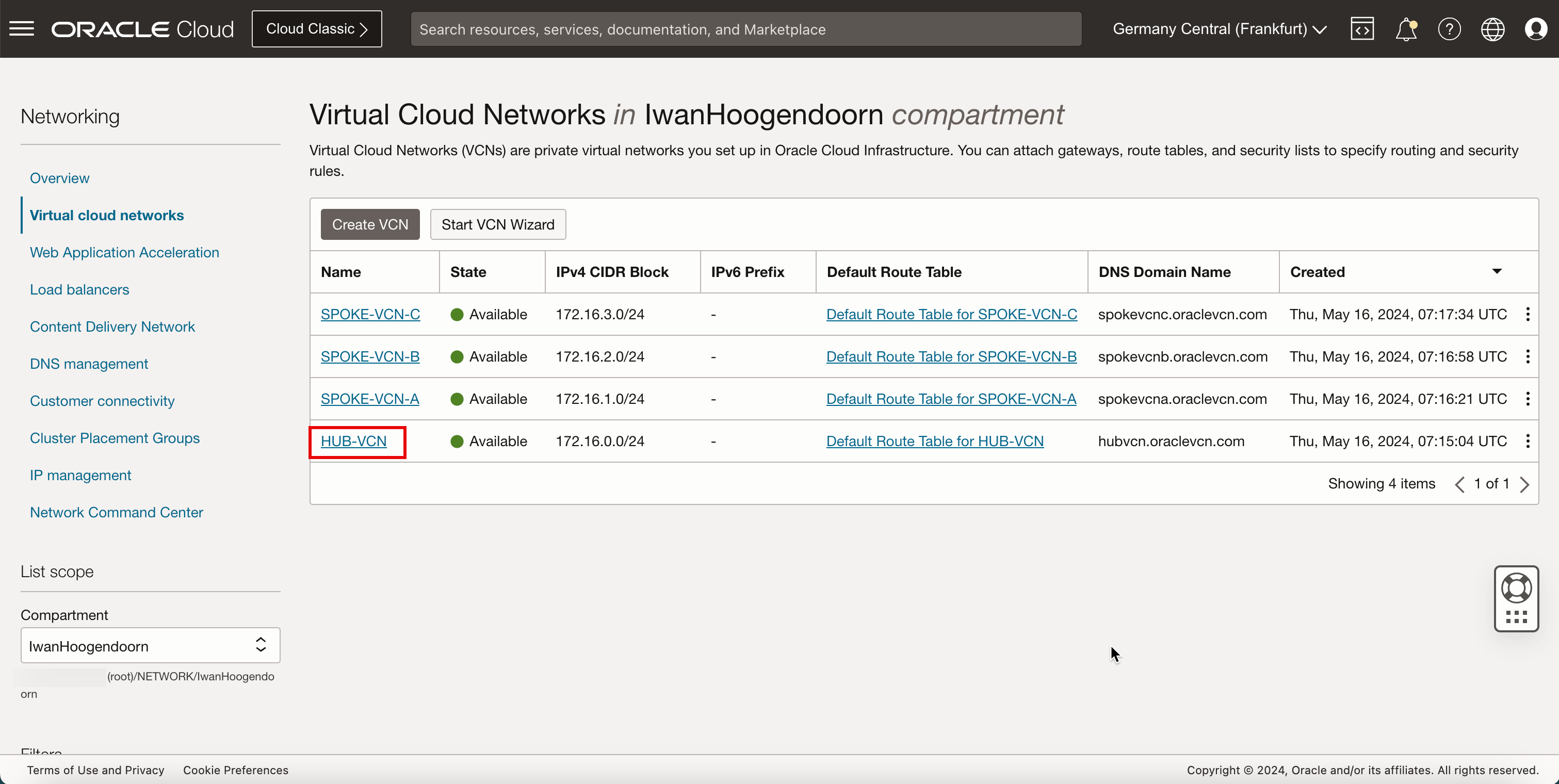

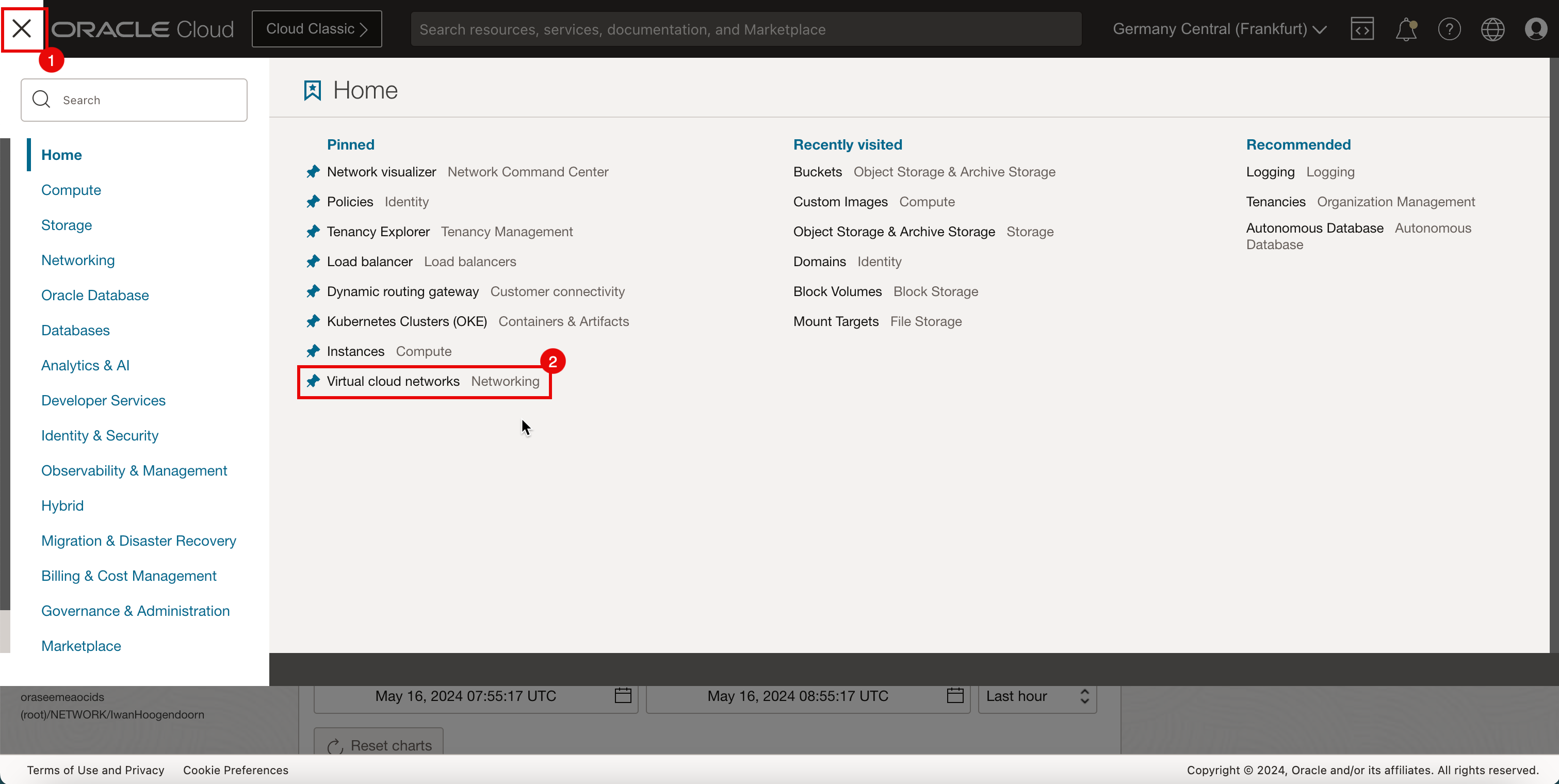

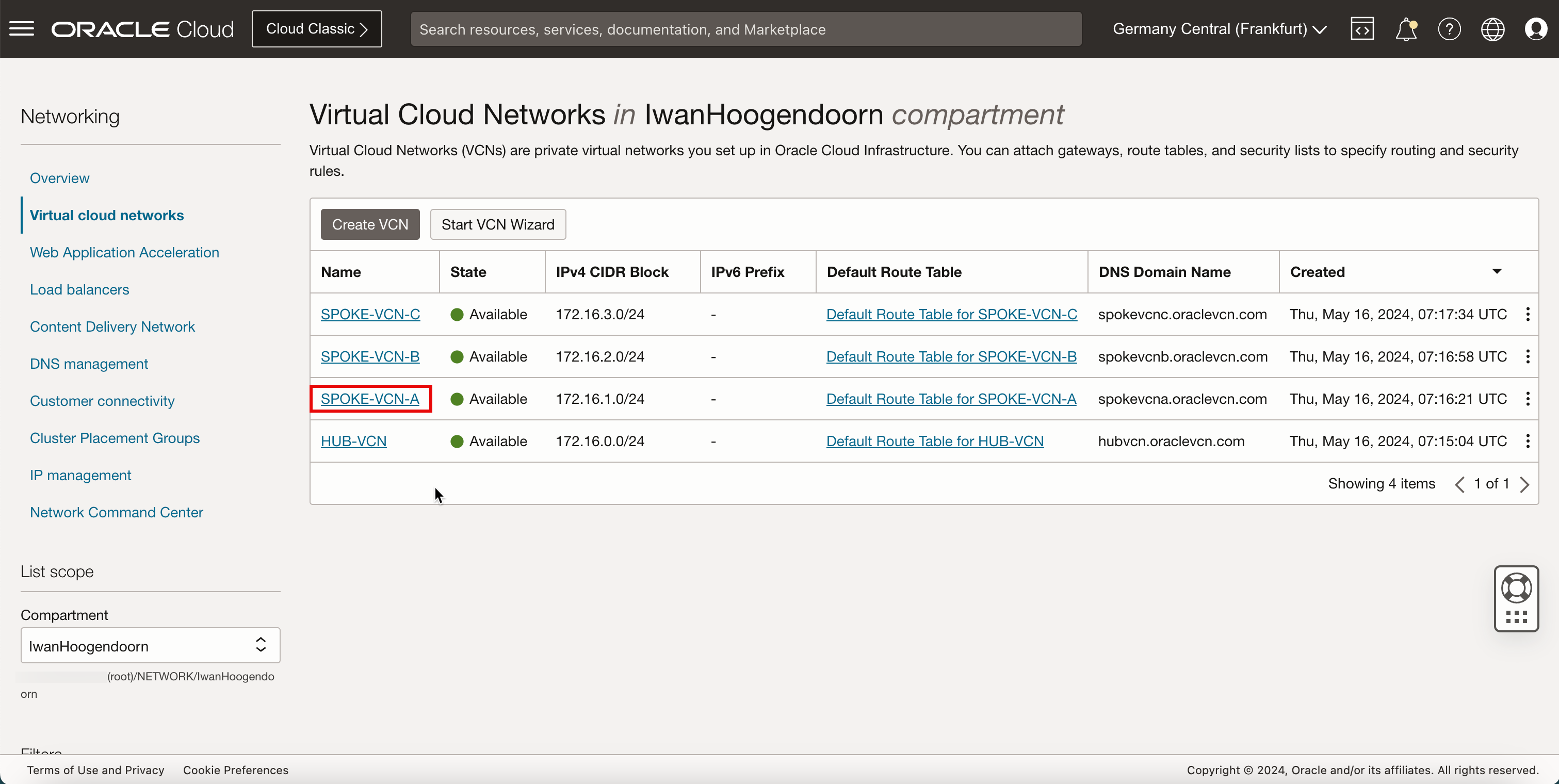

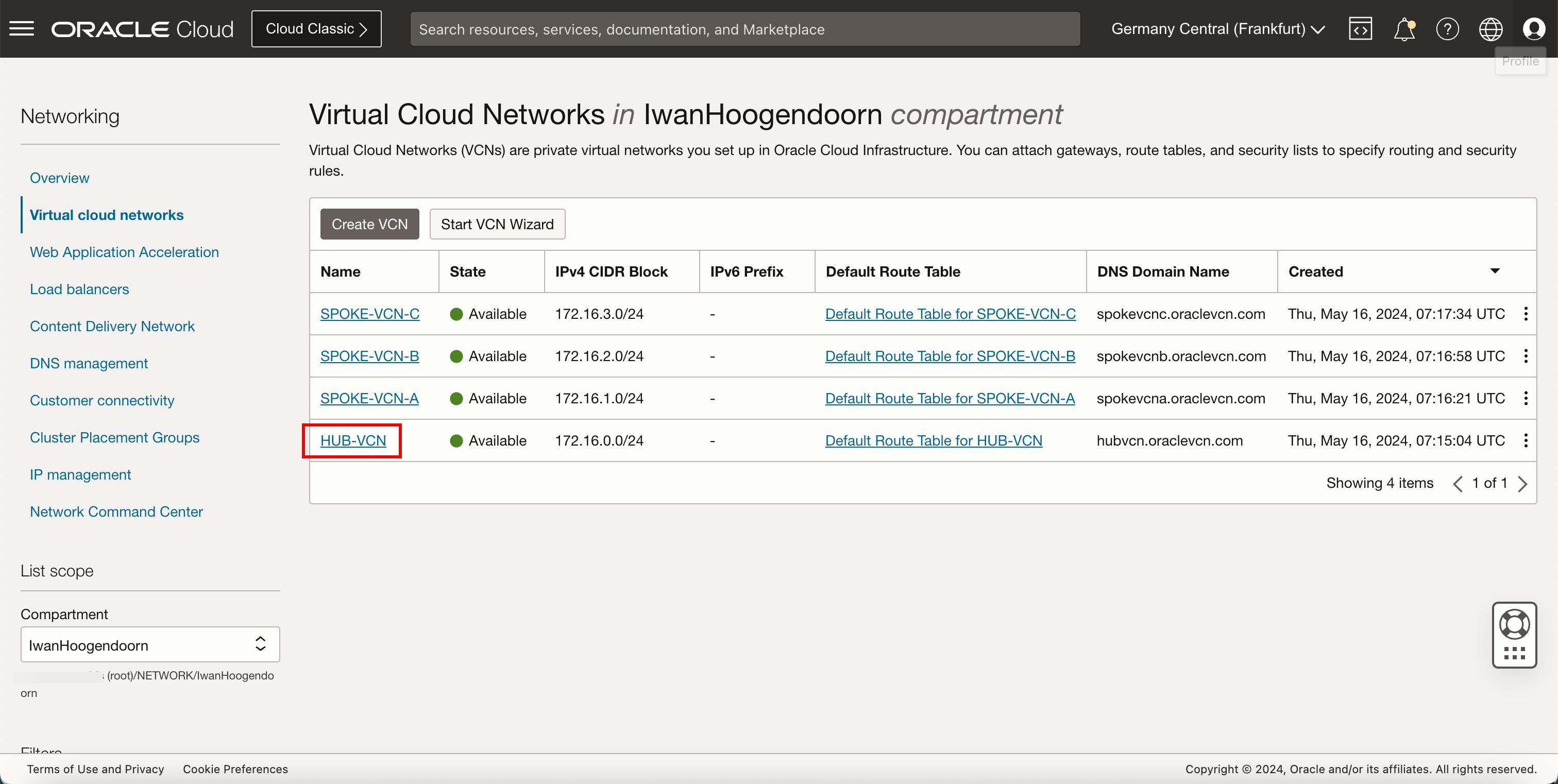

タスク1: ハブおよびスポークSCNの作成

-

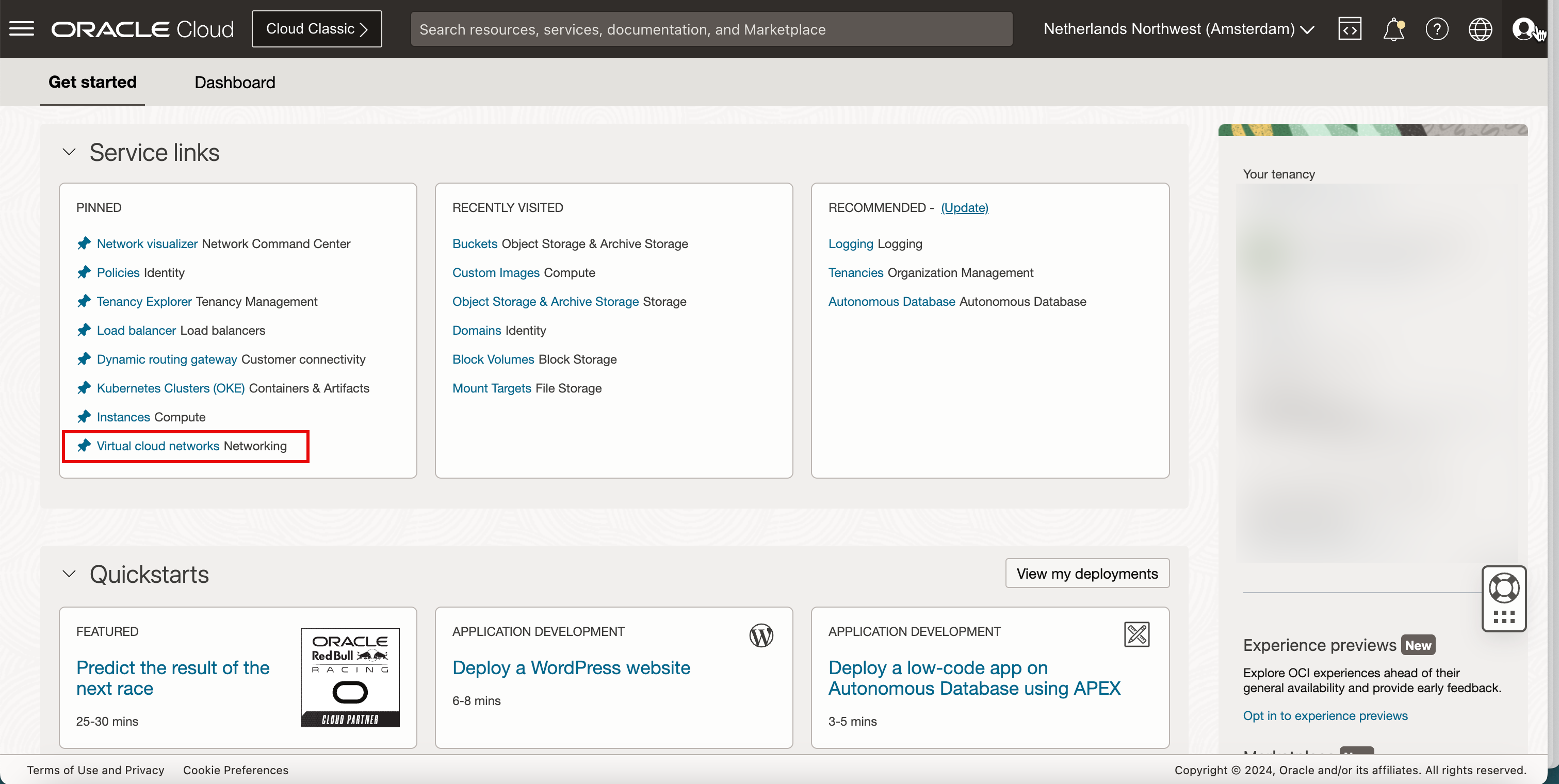

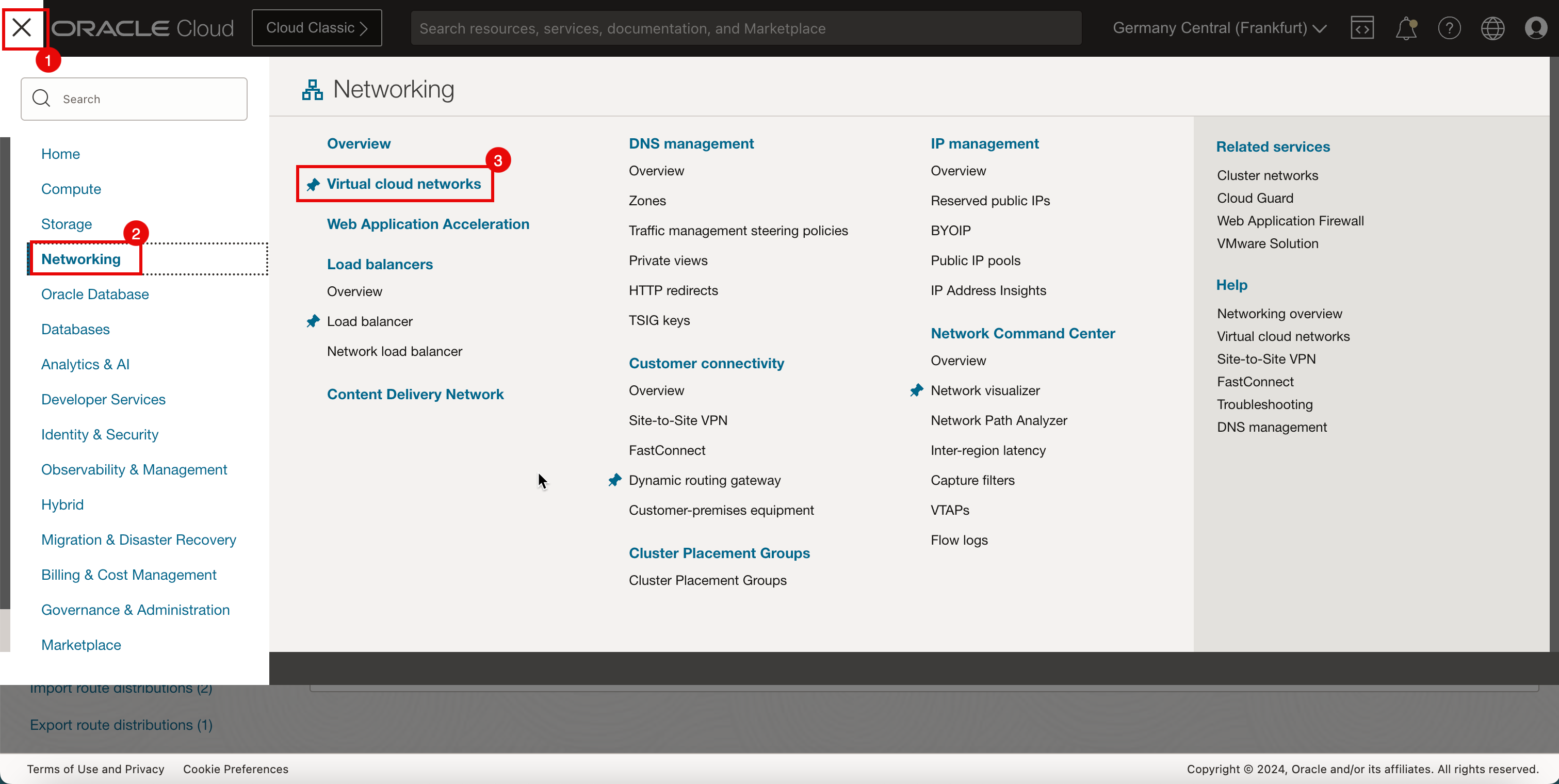

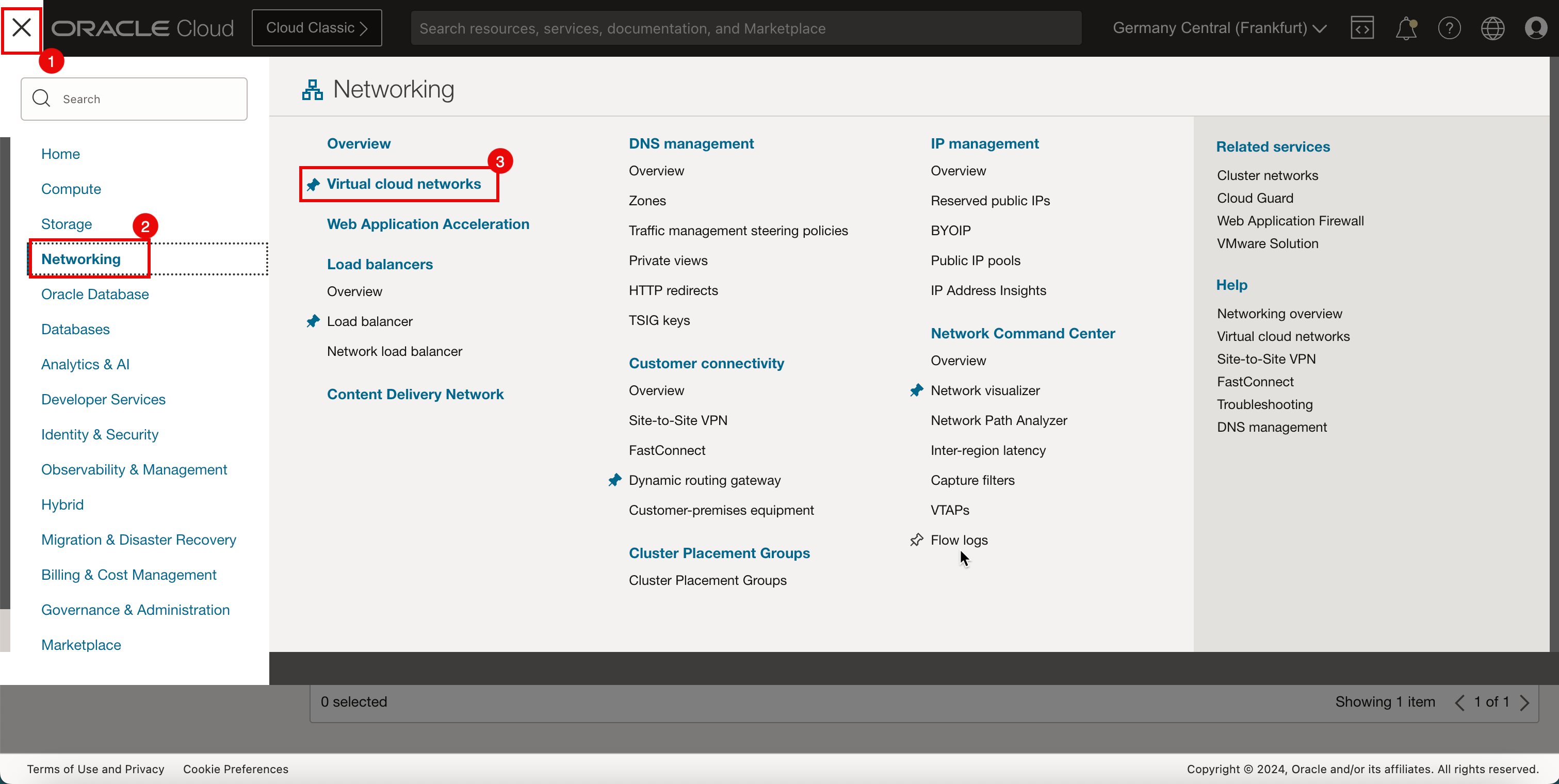

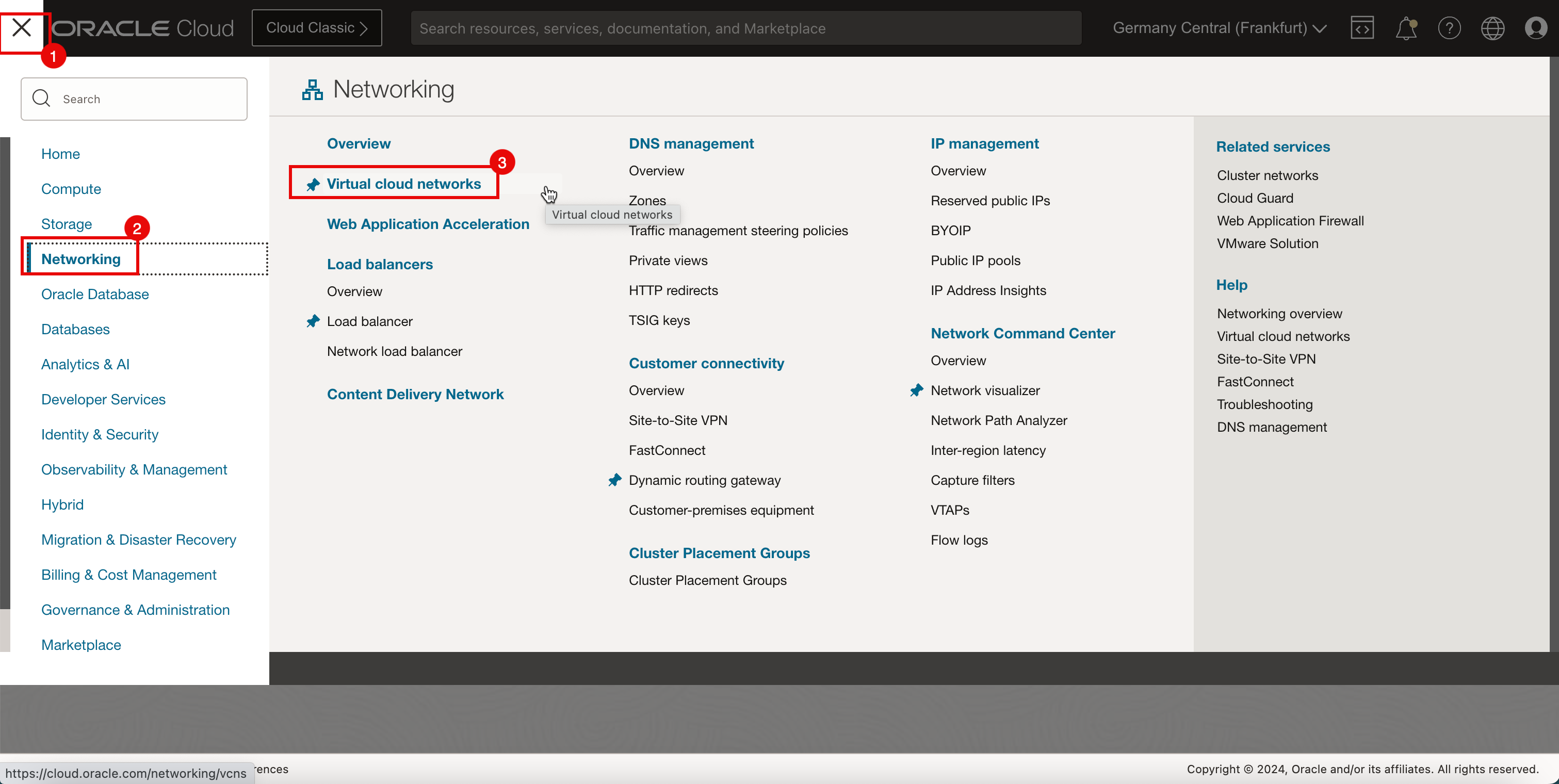

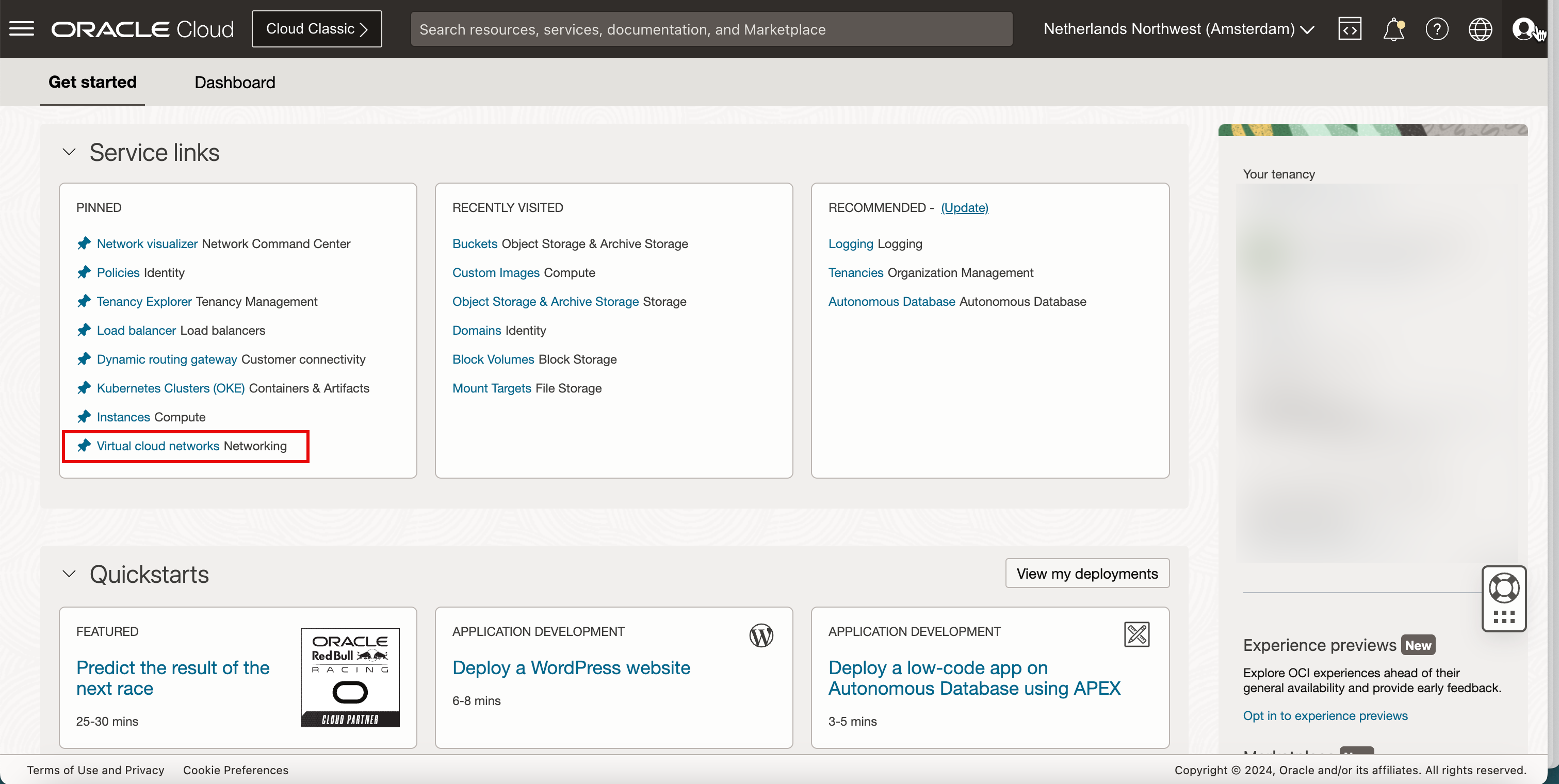

OCIコンソールにログインし、「仮想クラウド・ネットワーキング」をクリックするか、ハンバーガー・メニュー(≡)、「ネットワーキング」および「仮想クラウド・ネットワーク」をクリックします。

-

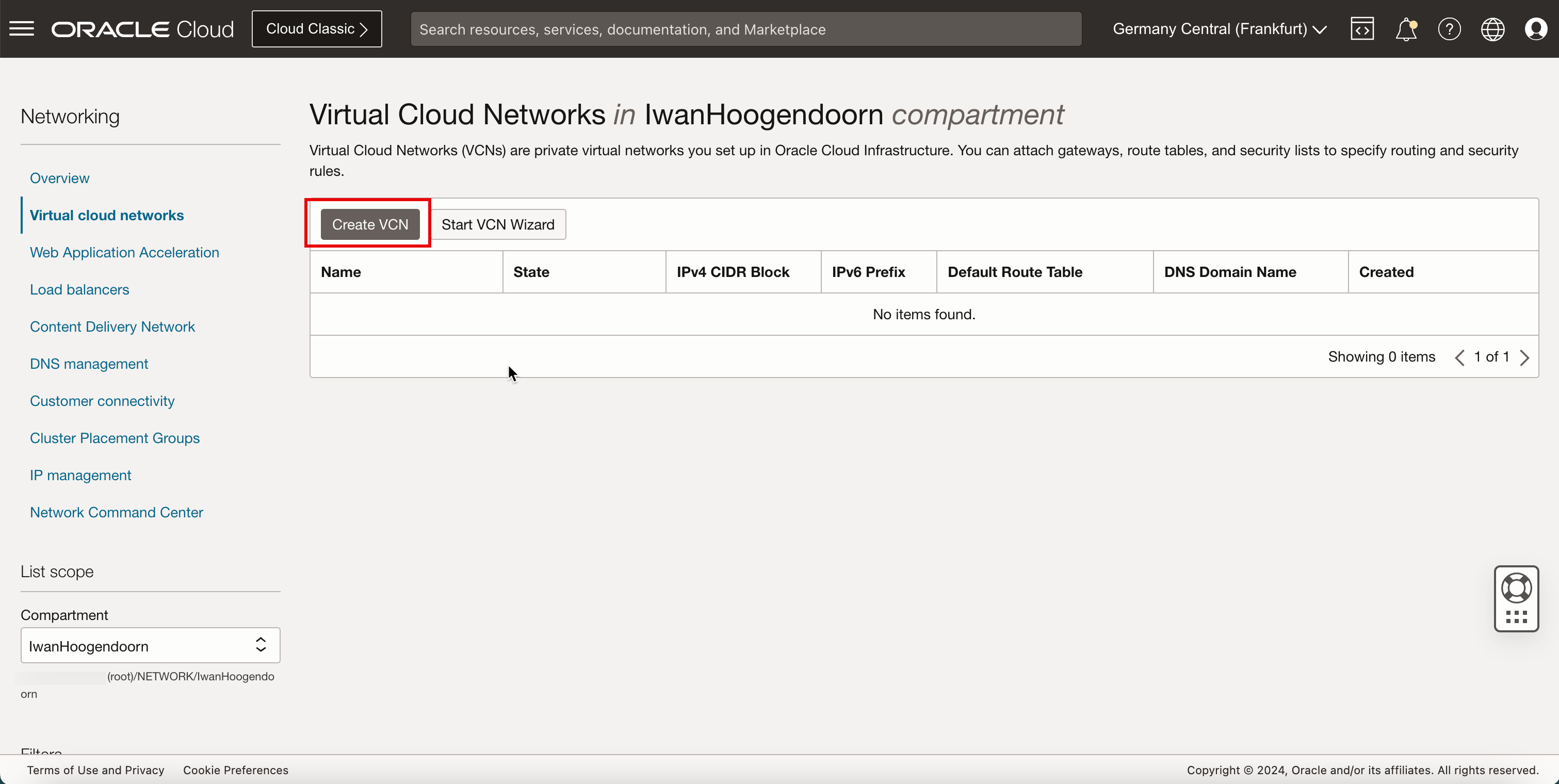

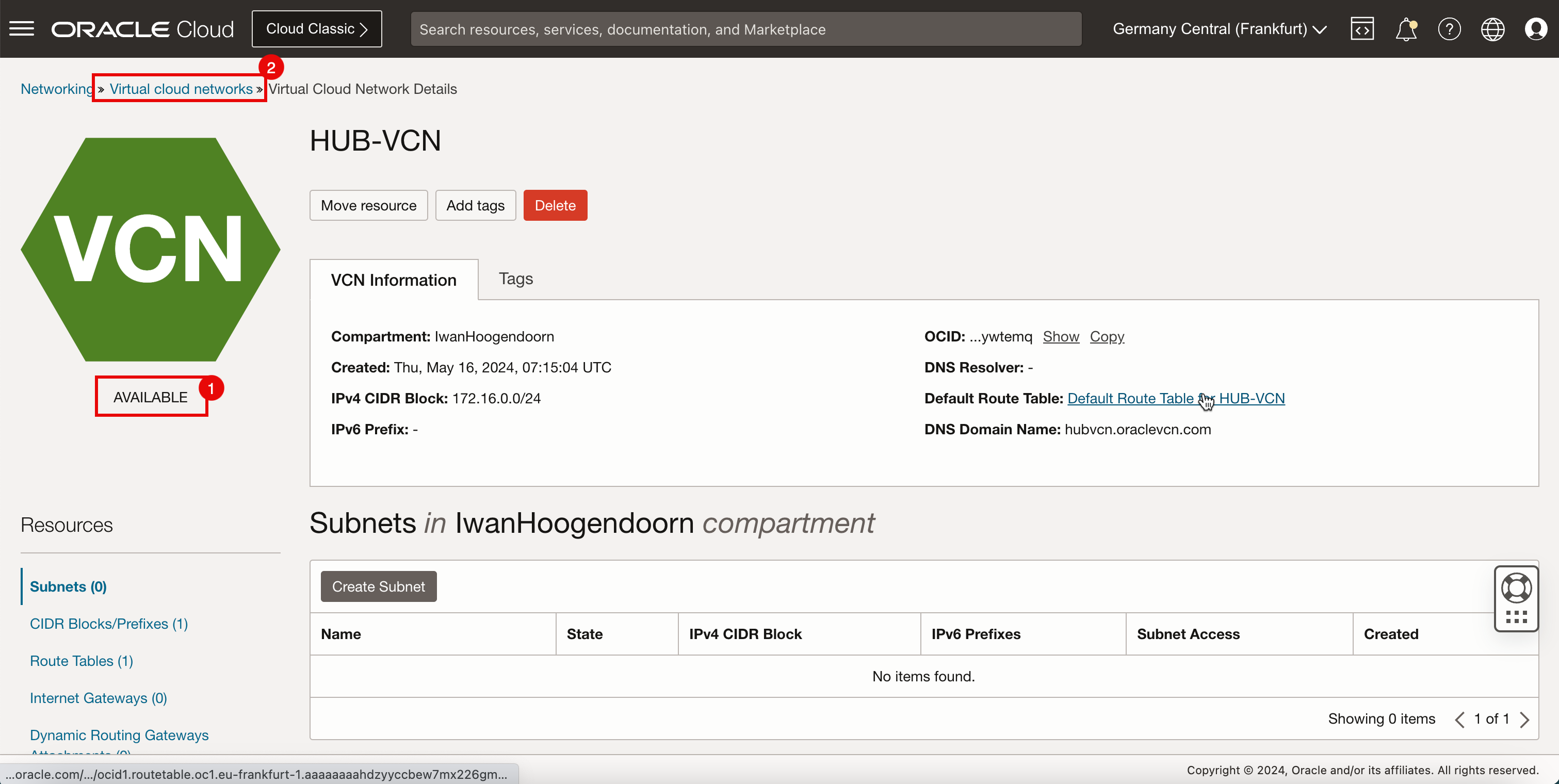

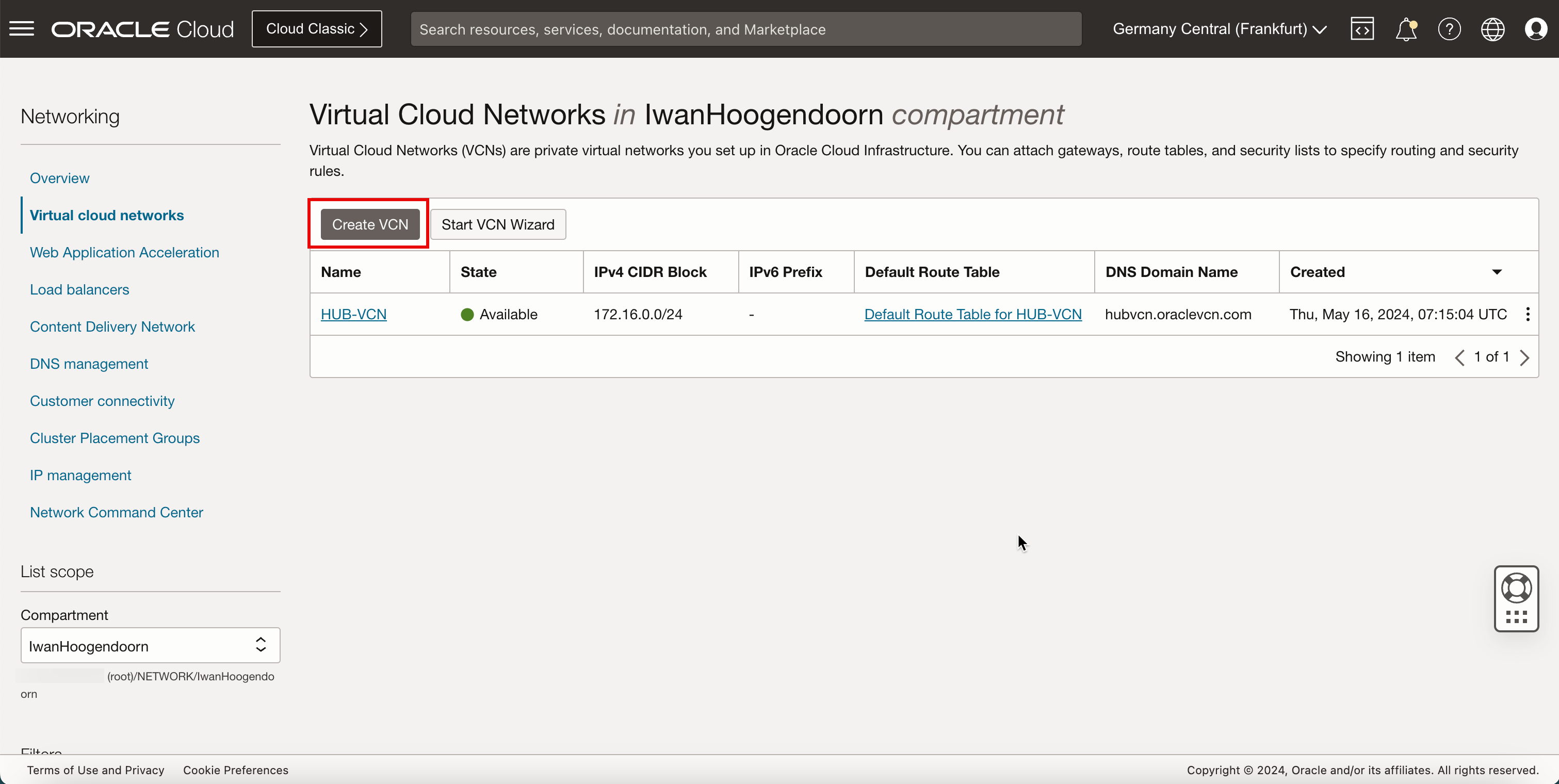

「VCNの作成」をクリックして、VCNを作成します。

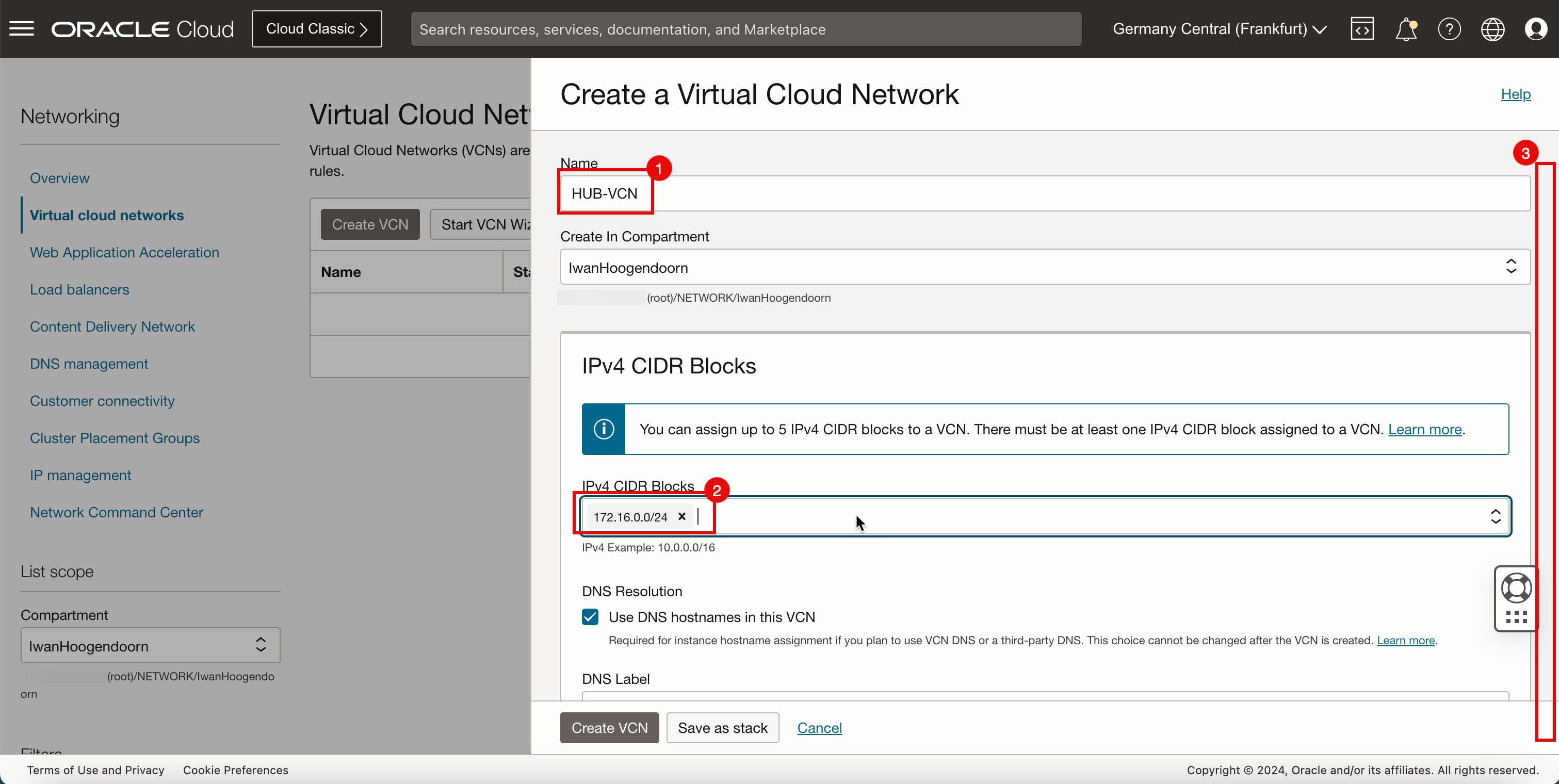

- ハブVCNの名前を入力します。

- ハブVCNにIPv4 CIDRブロックを入力します。

- 下へスクロール

-

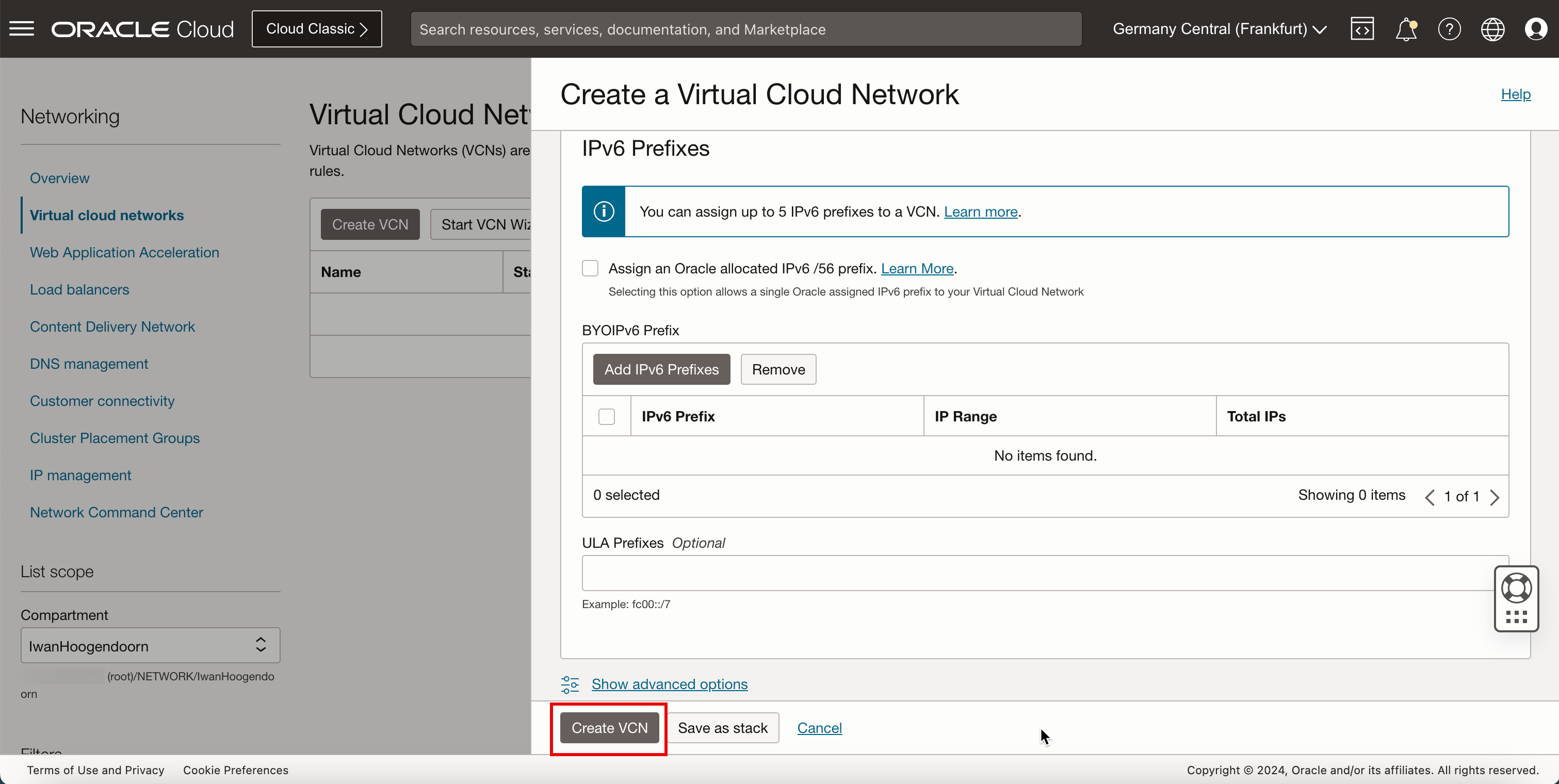

「VCNの作成」をクリックします。

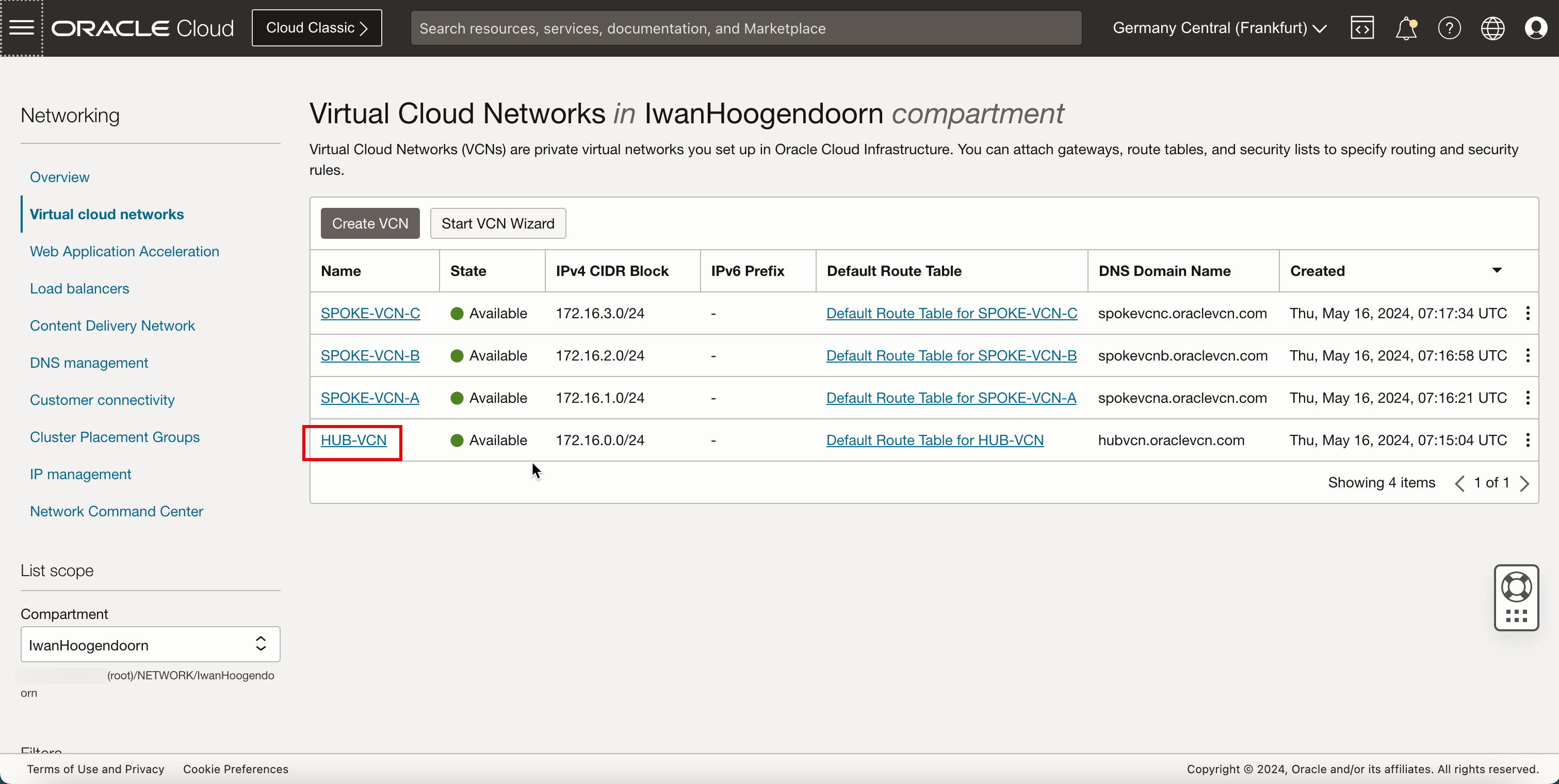

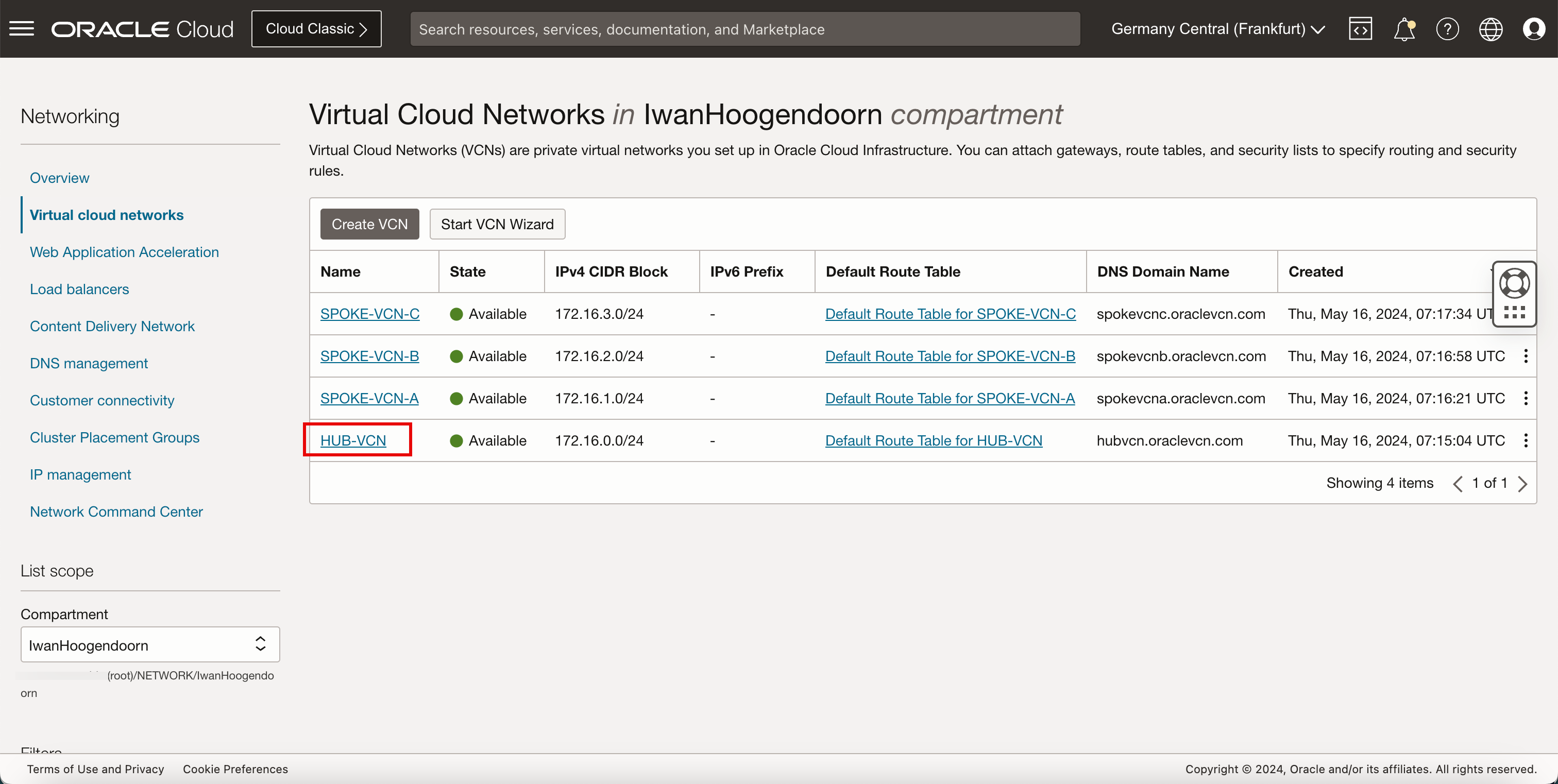

- ハブVCNが使用可能であることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

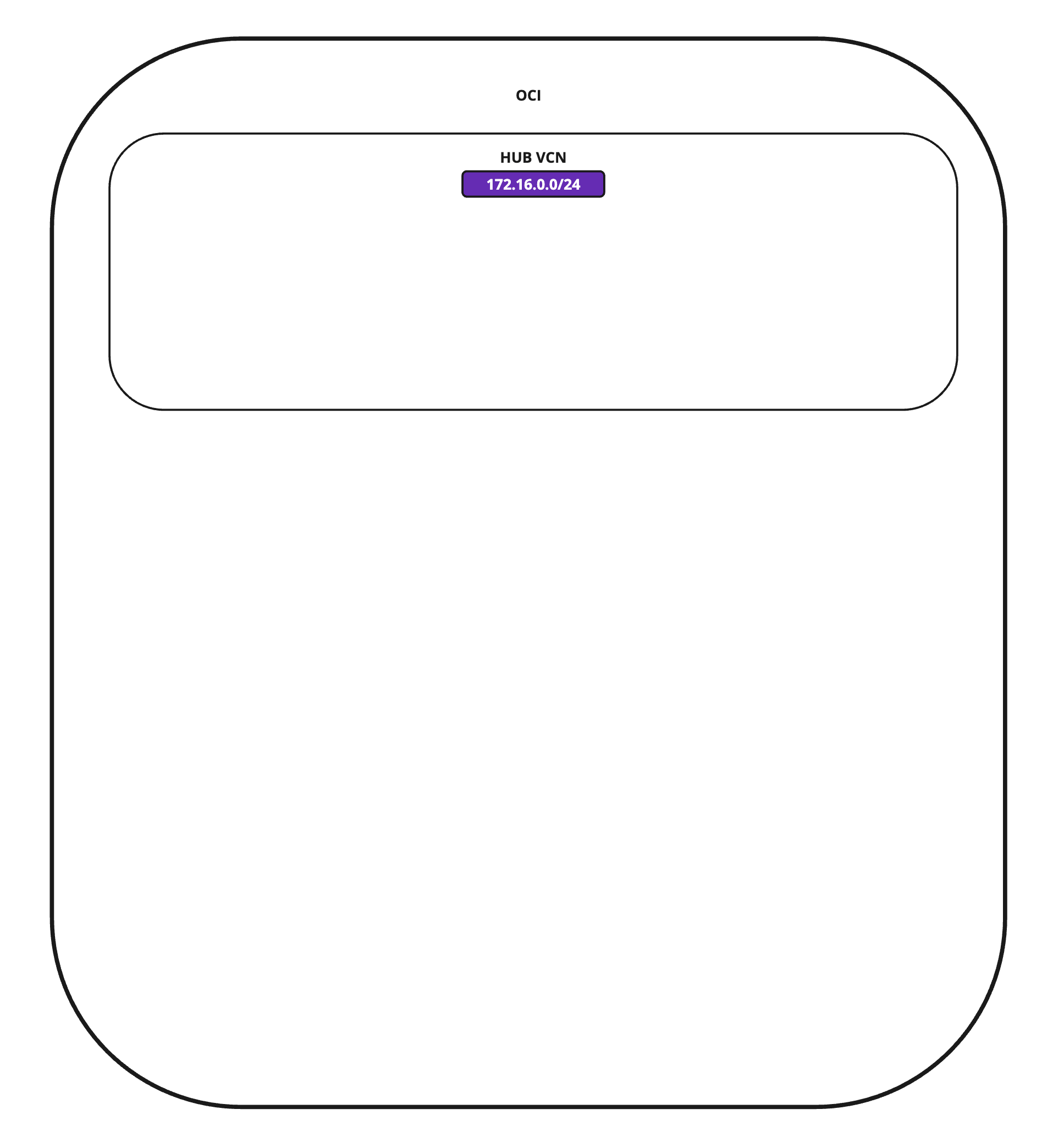

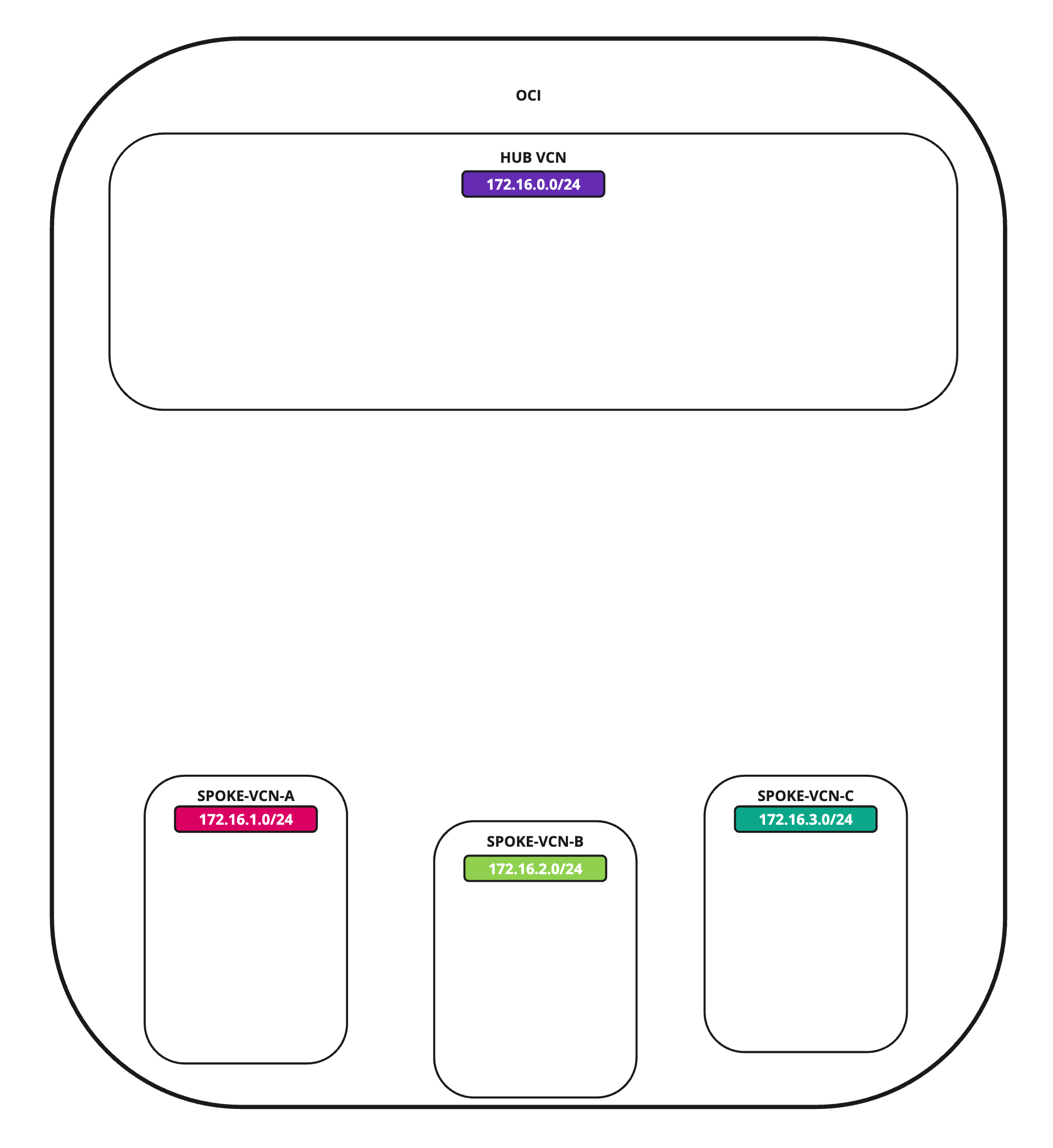

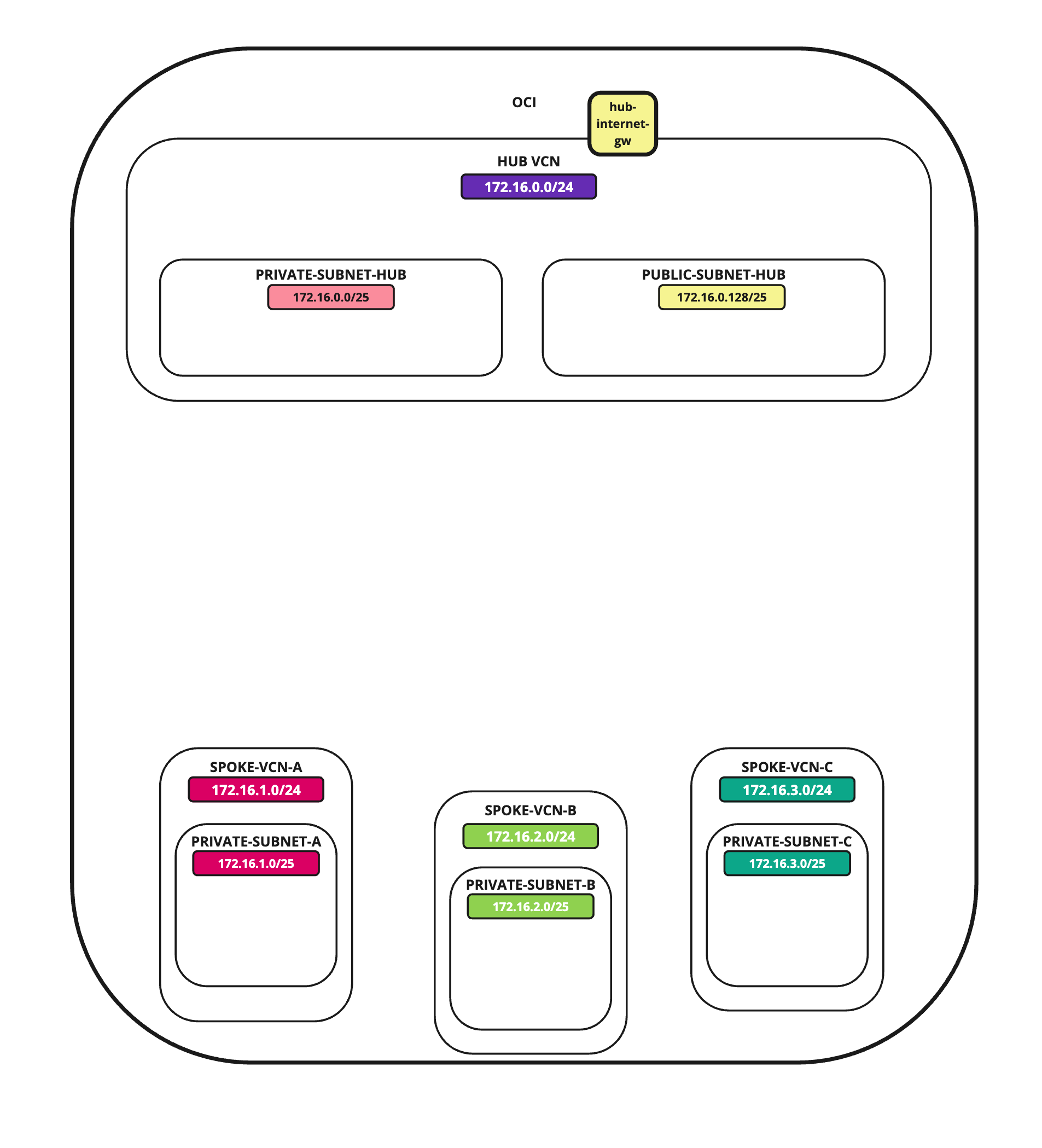

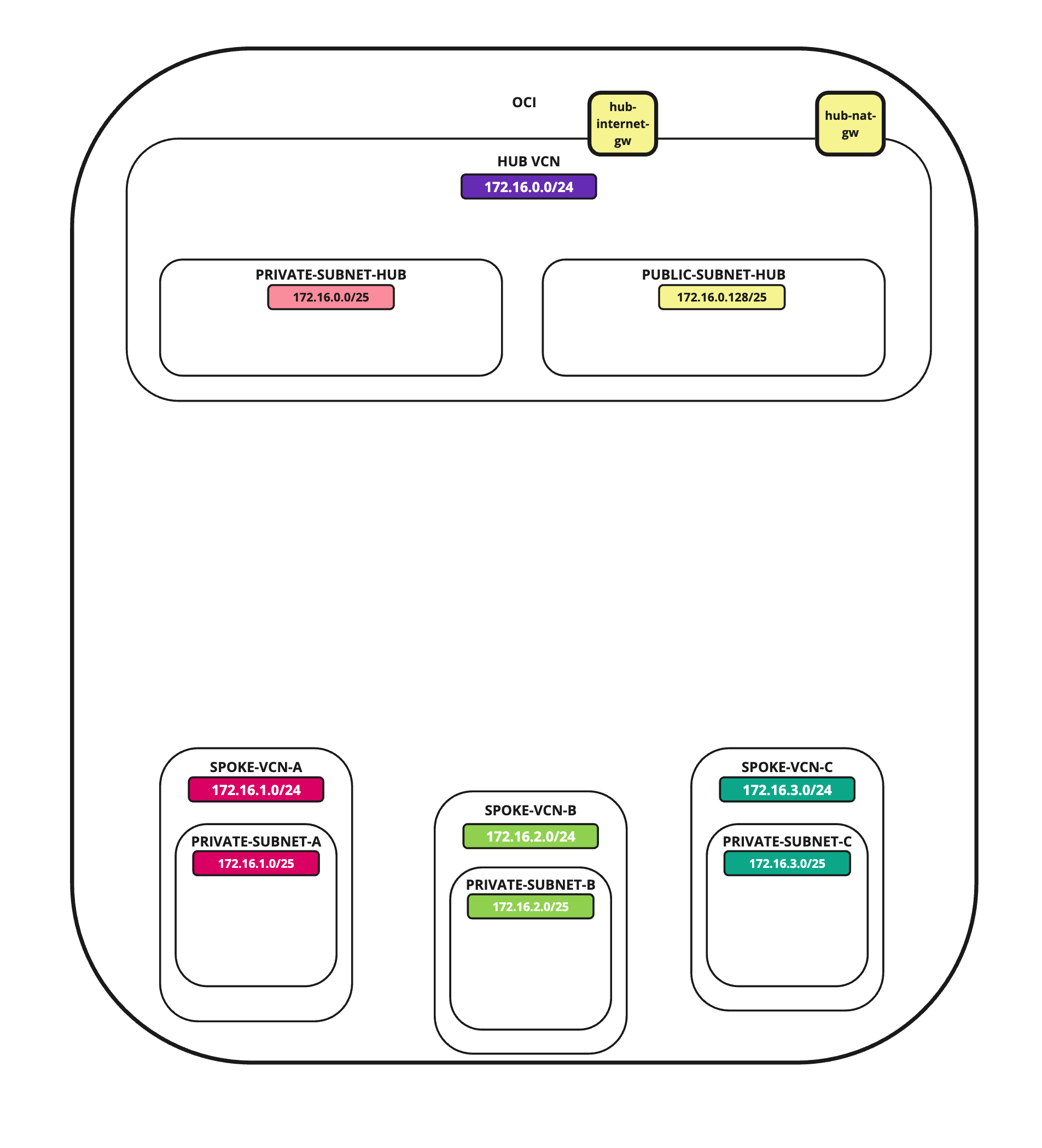

次の図は、これまでに作成したものを視覚的に示したものです。

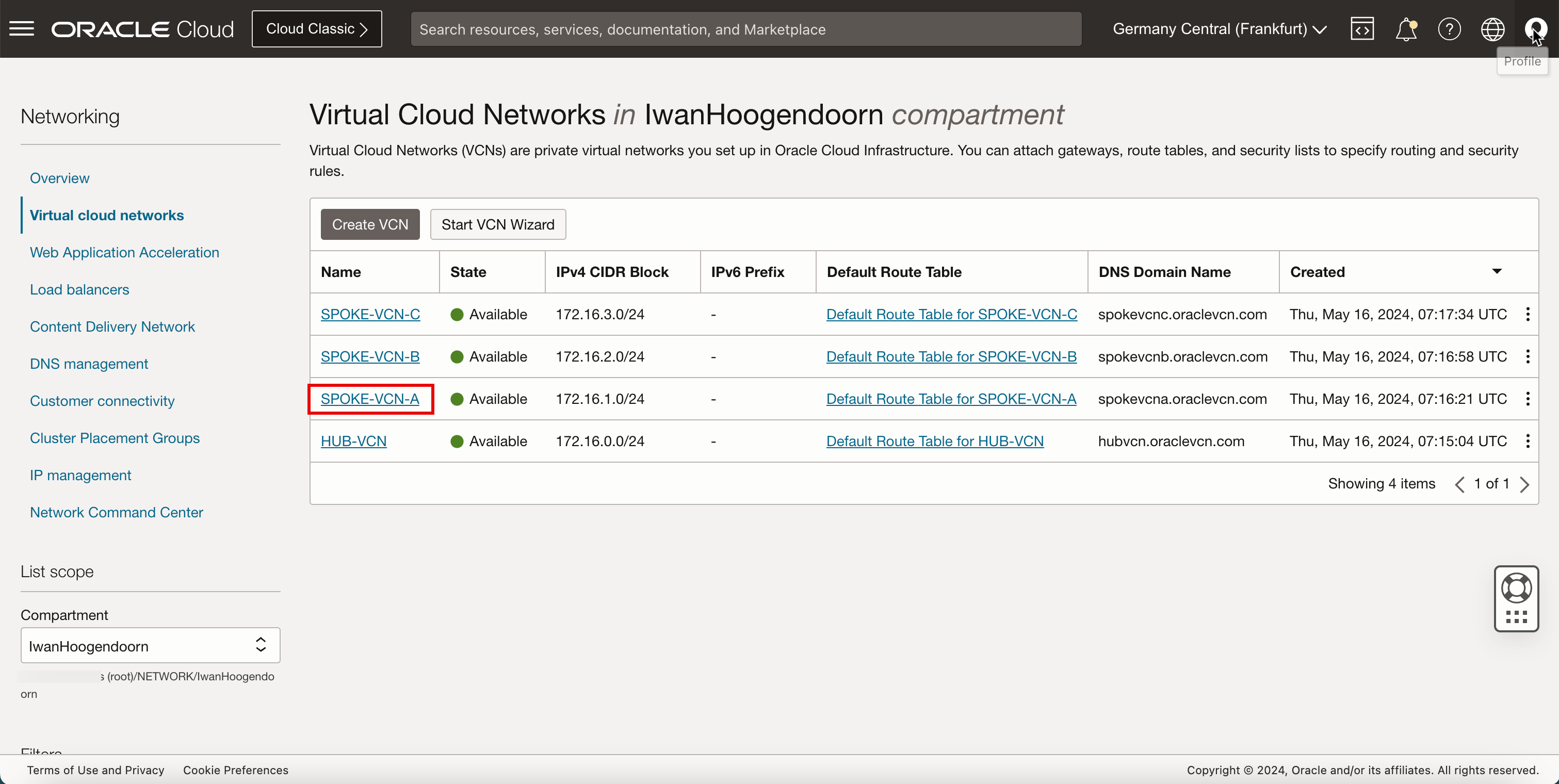

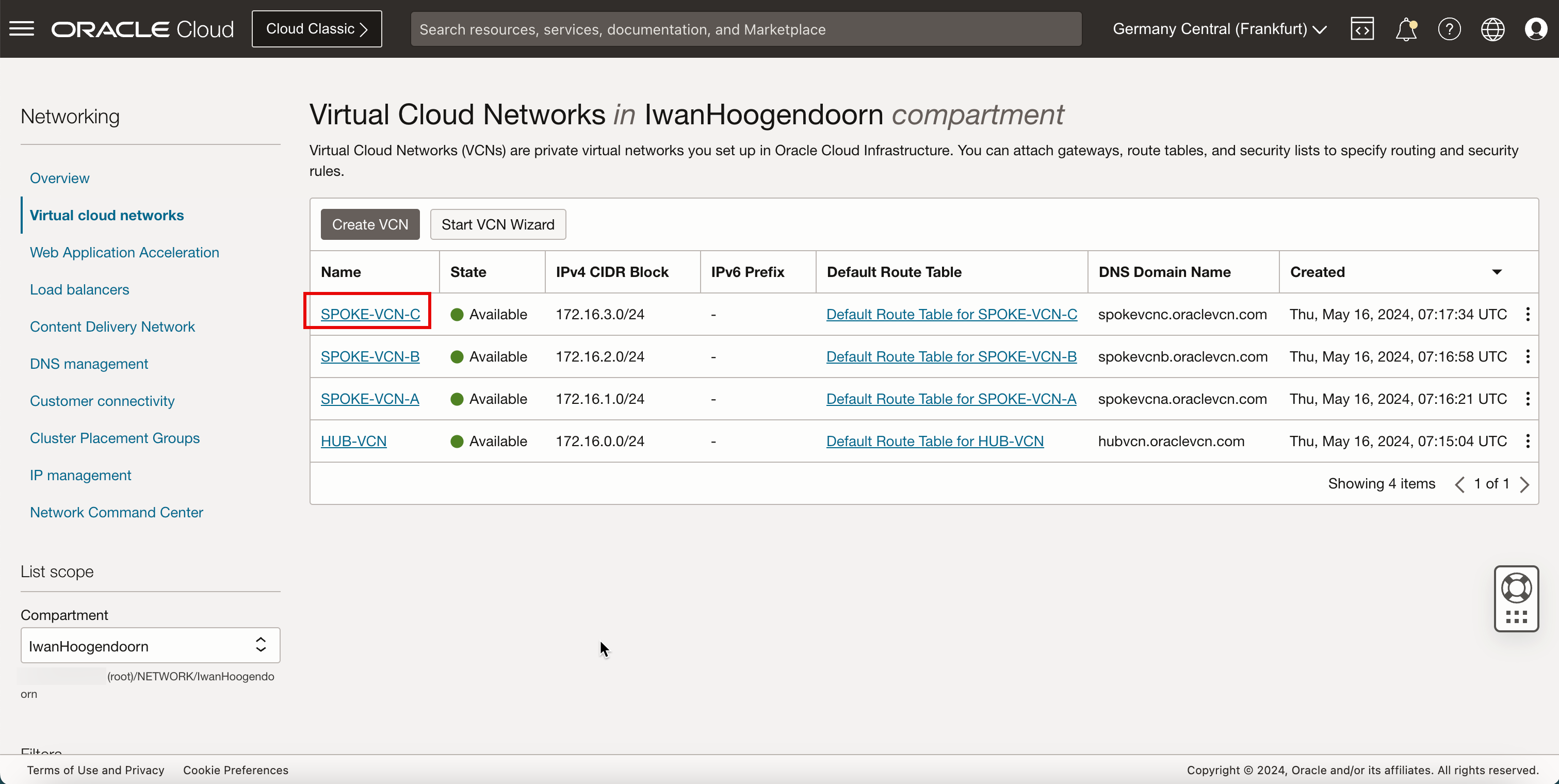

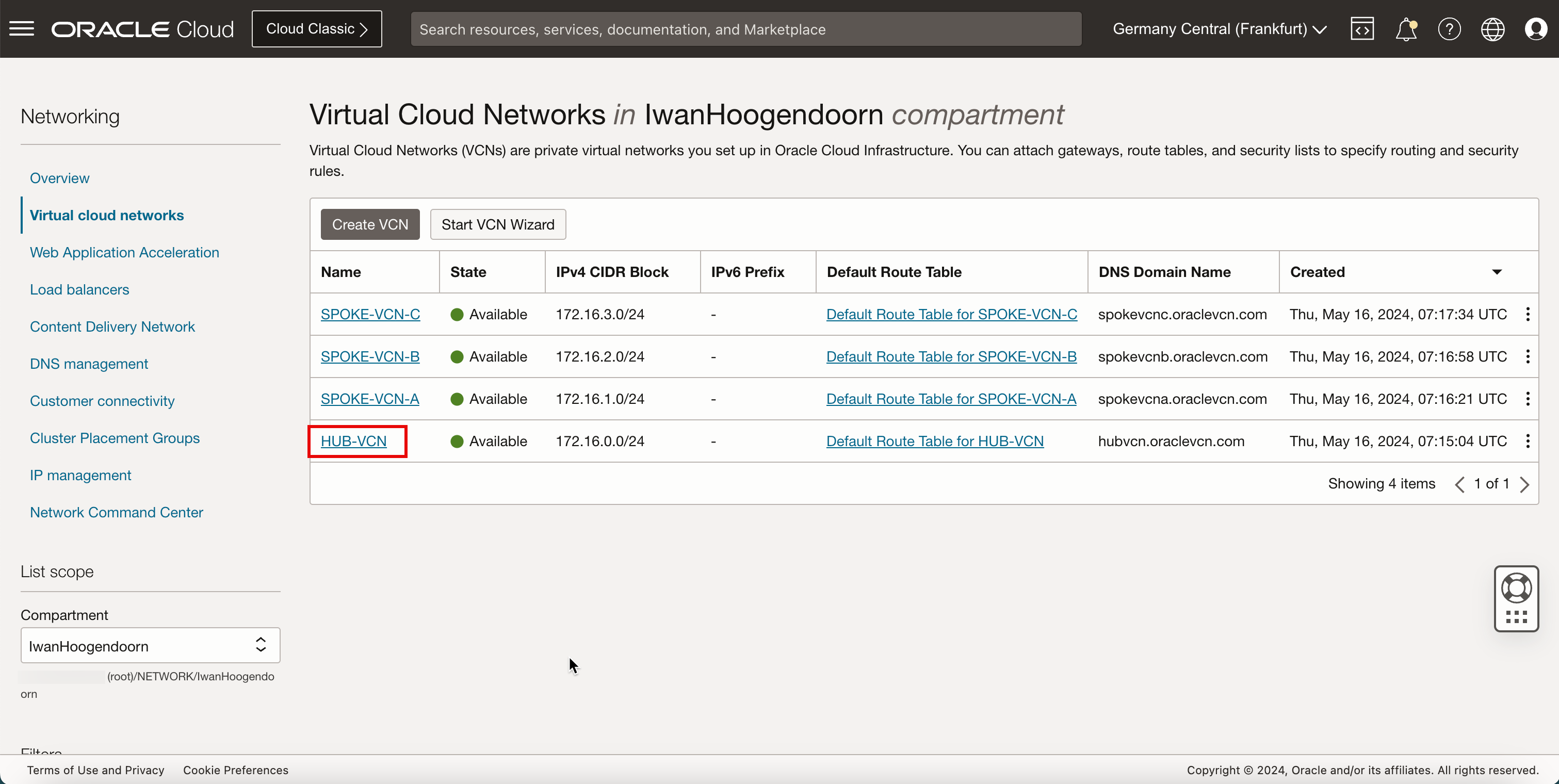

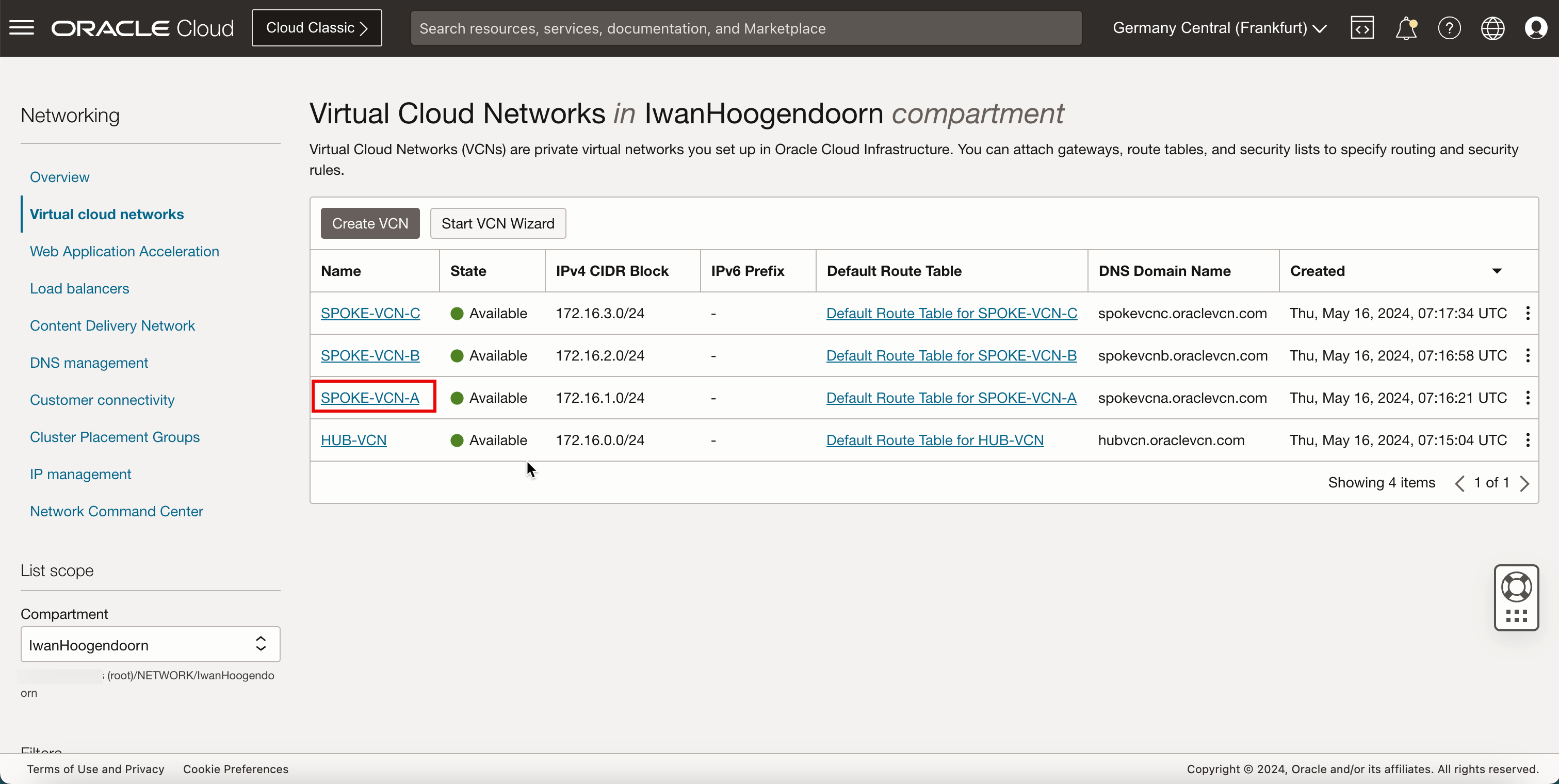

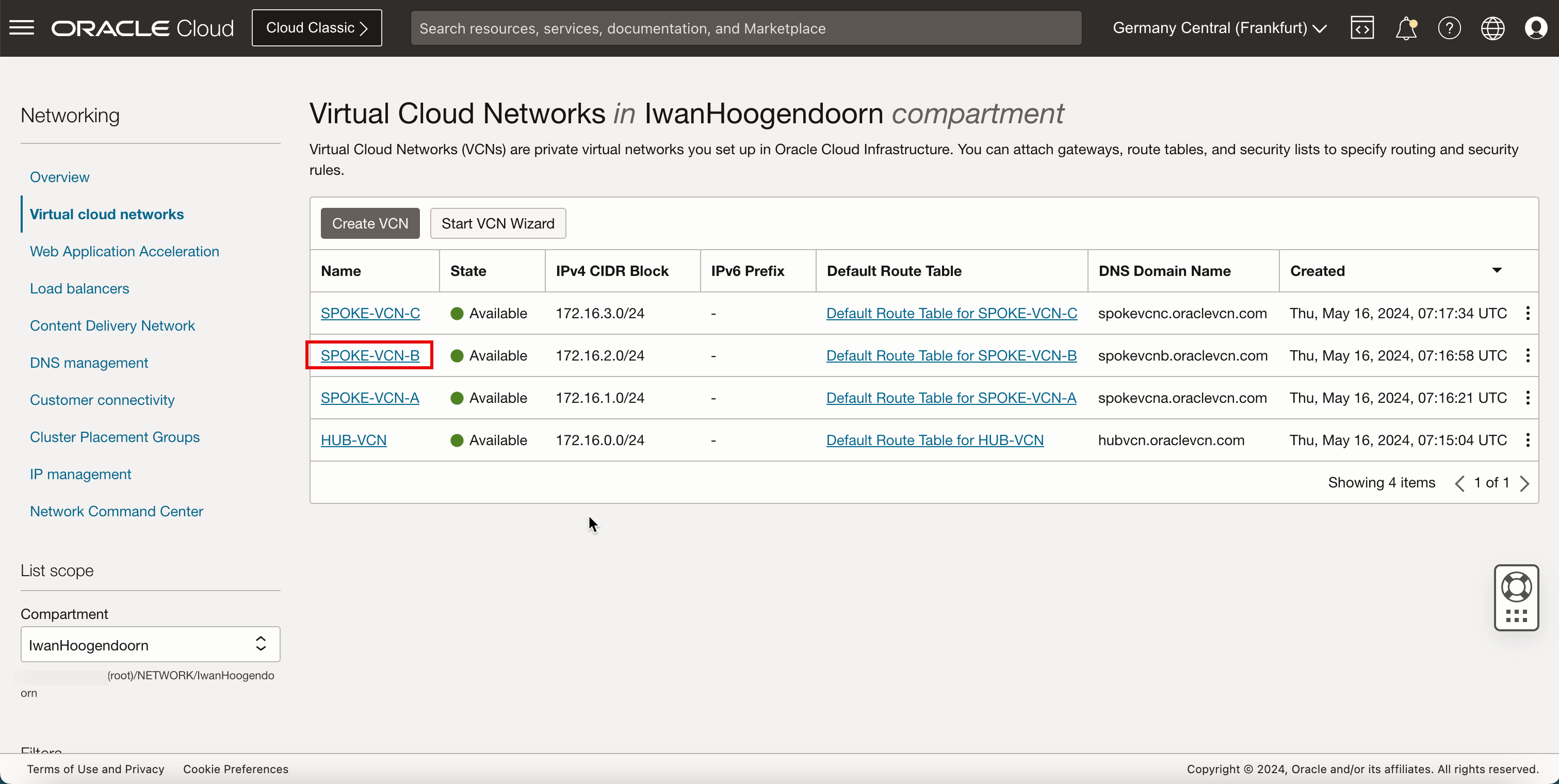

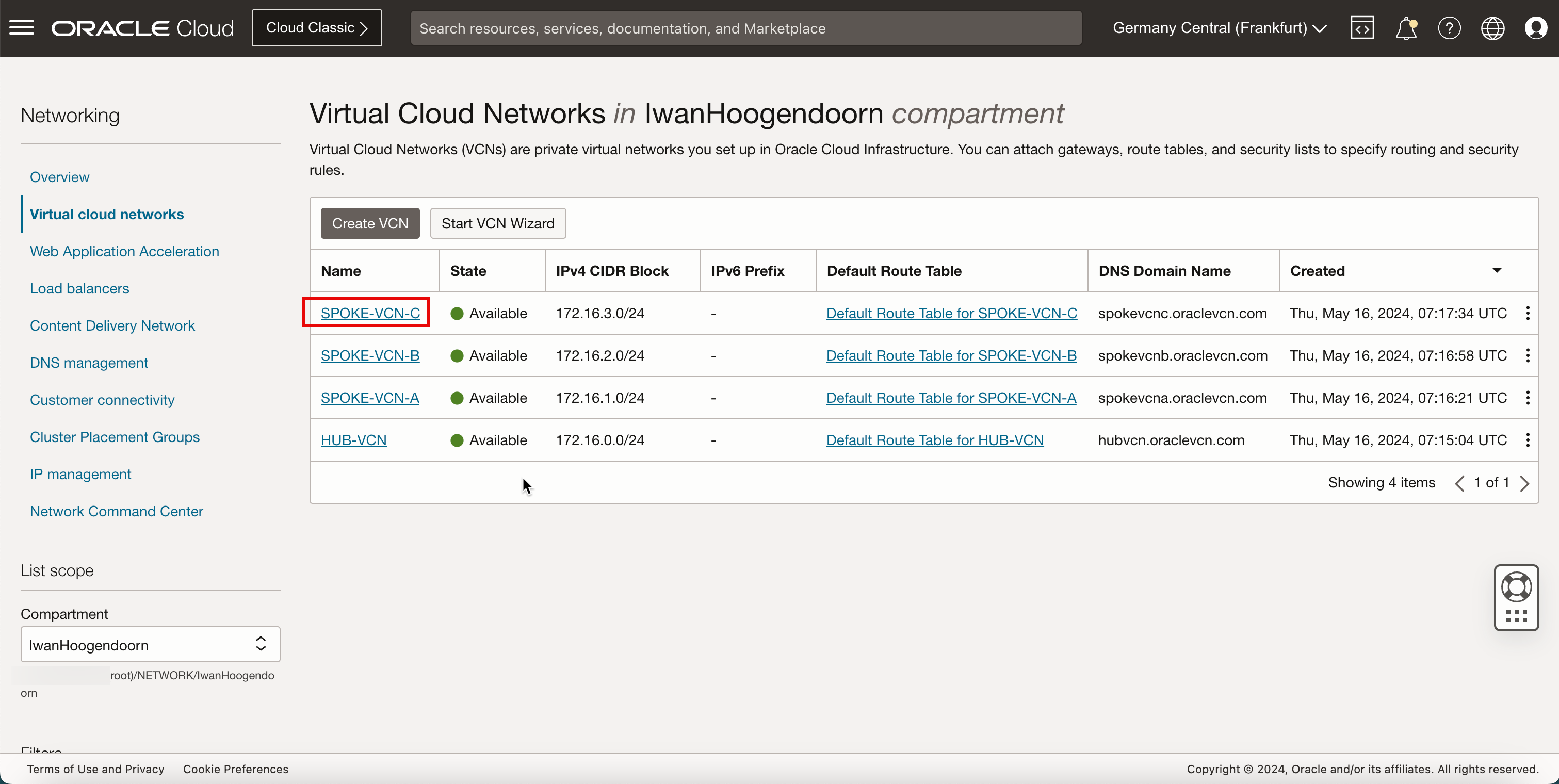

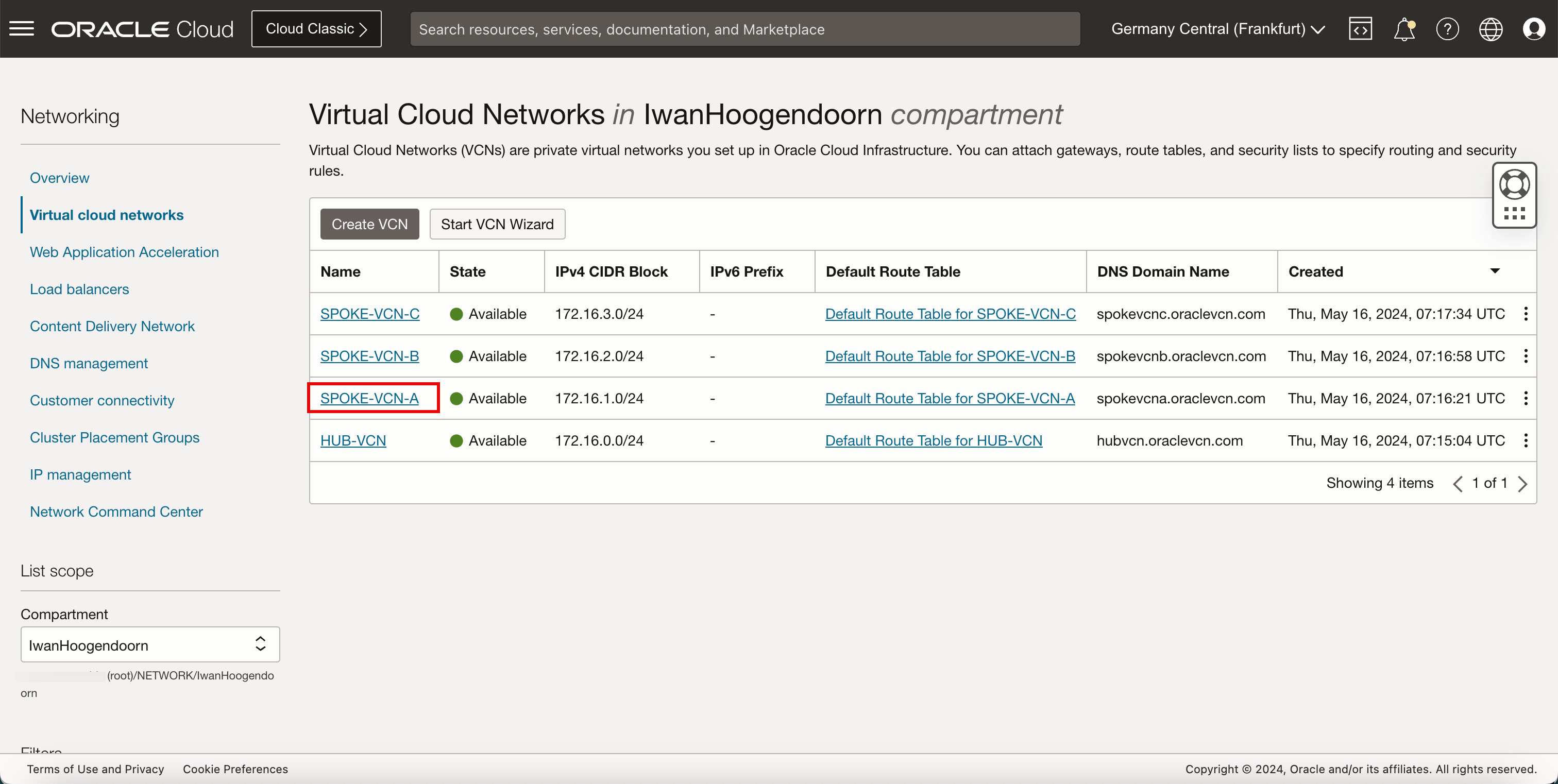

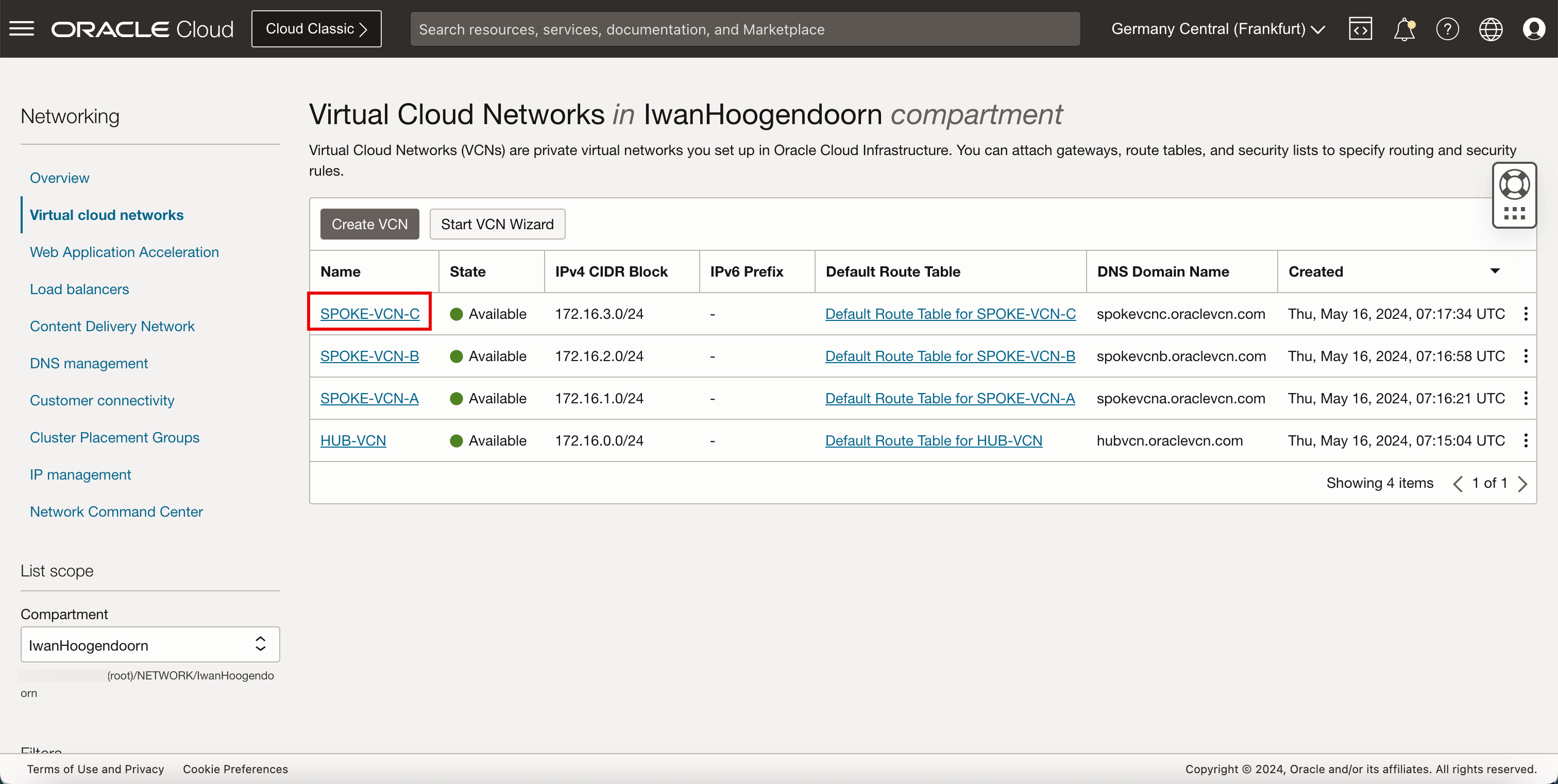

次に、スポークA、スポークB、およびスポークCの3つのスポークVCNを作成します。

-

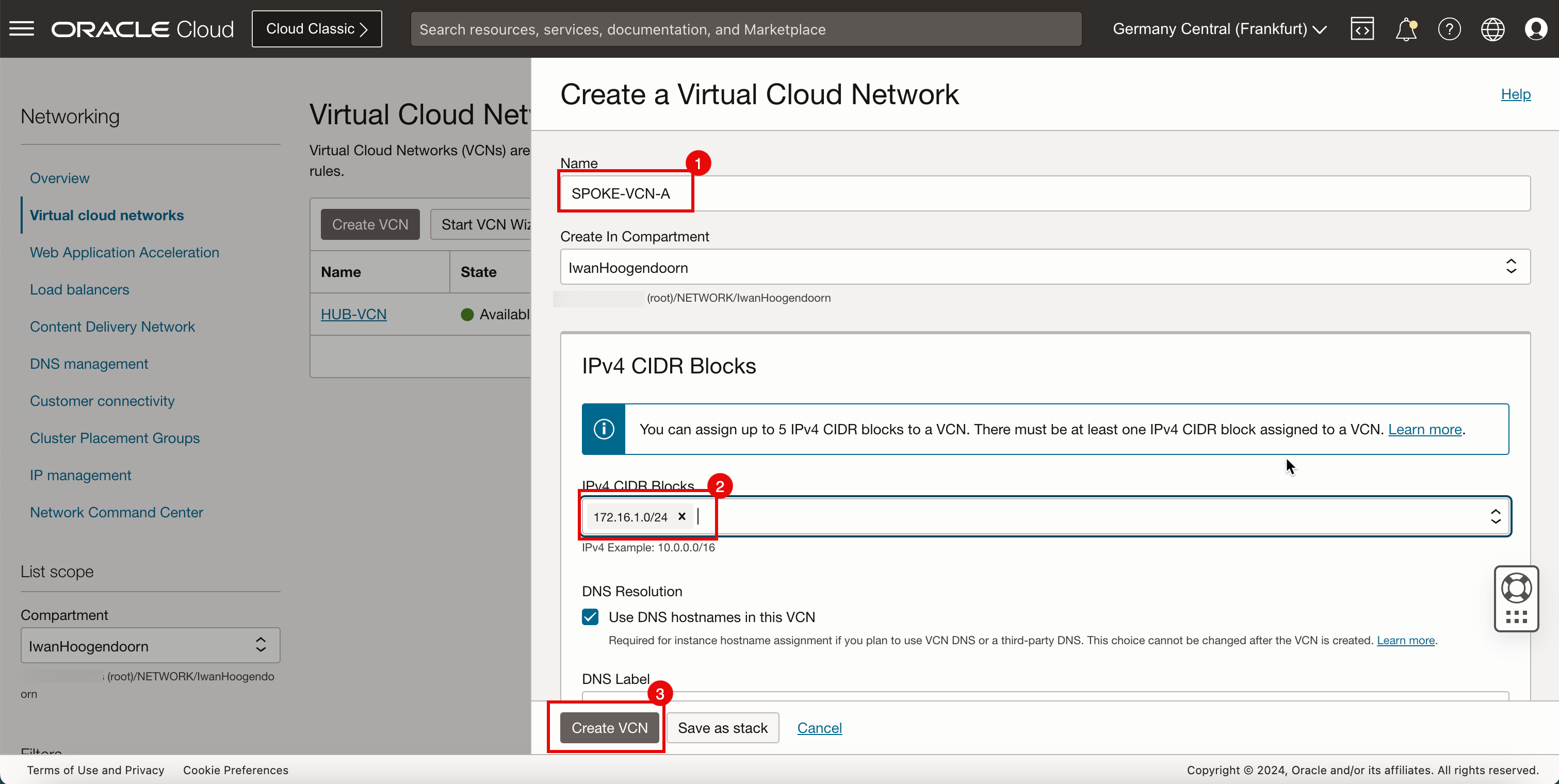

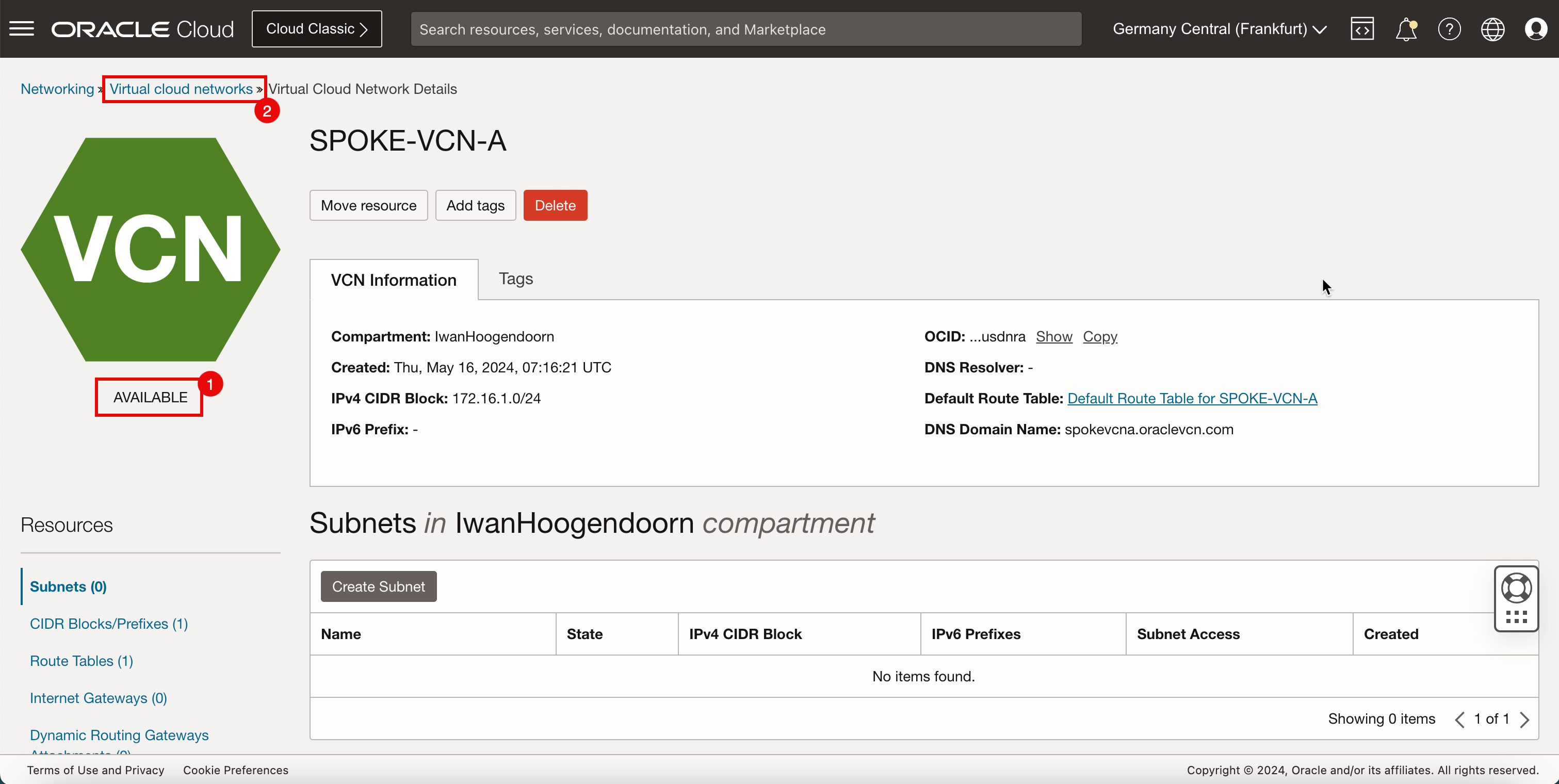

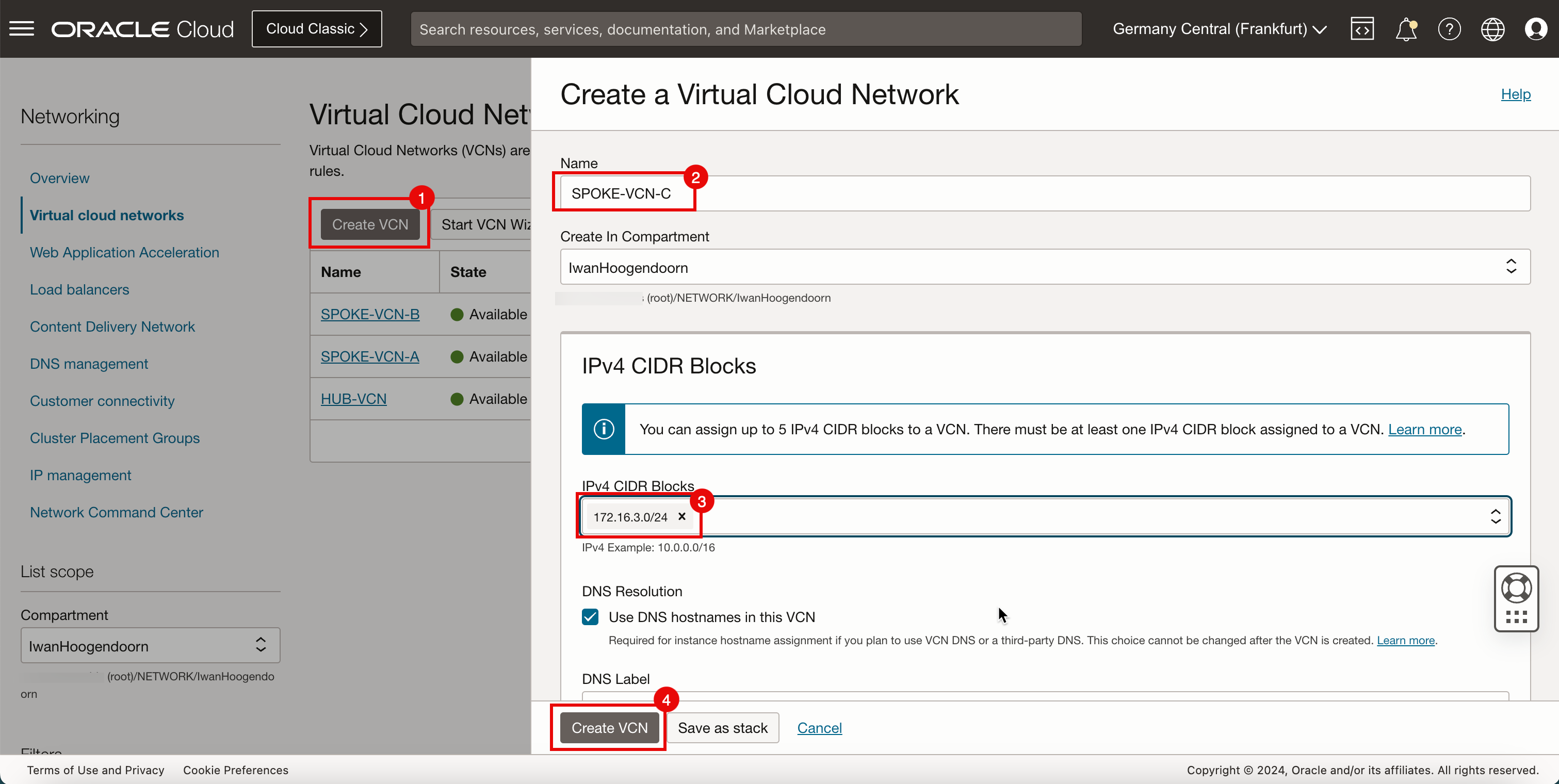

「VCNの作成」をクリックして、最初のスポークVCN (スポークA)を作成します。

- スポークVCNの名前を入力します。

- スポークVCNのIPv4 CIDRブロックを入力します。

- 「VCNの作成」をクリックします。

- スポークVCNが使用可能であることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

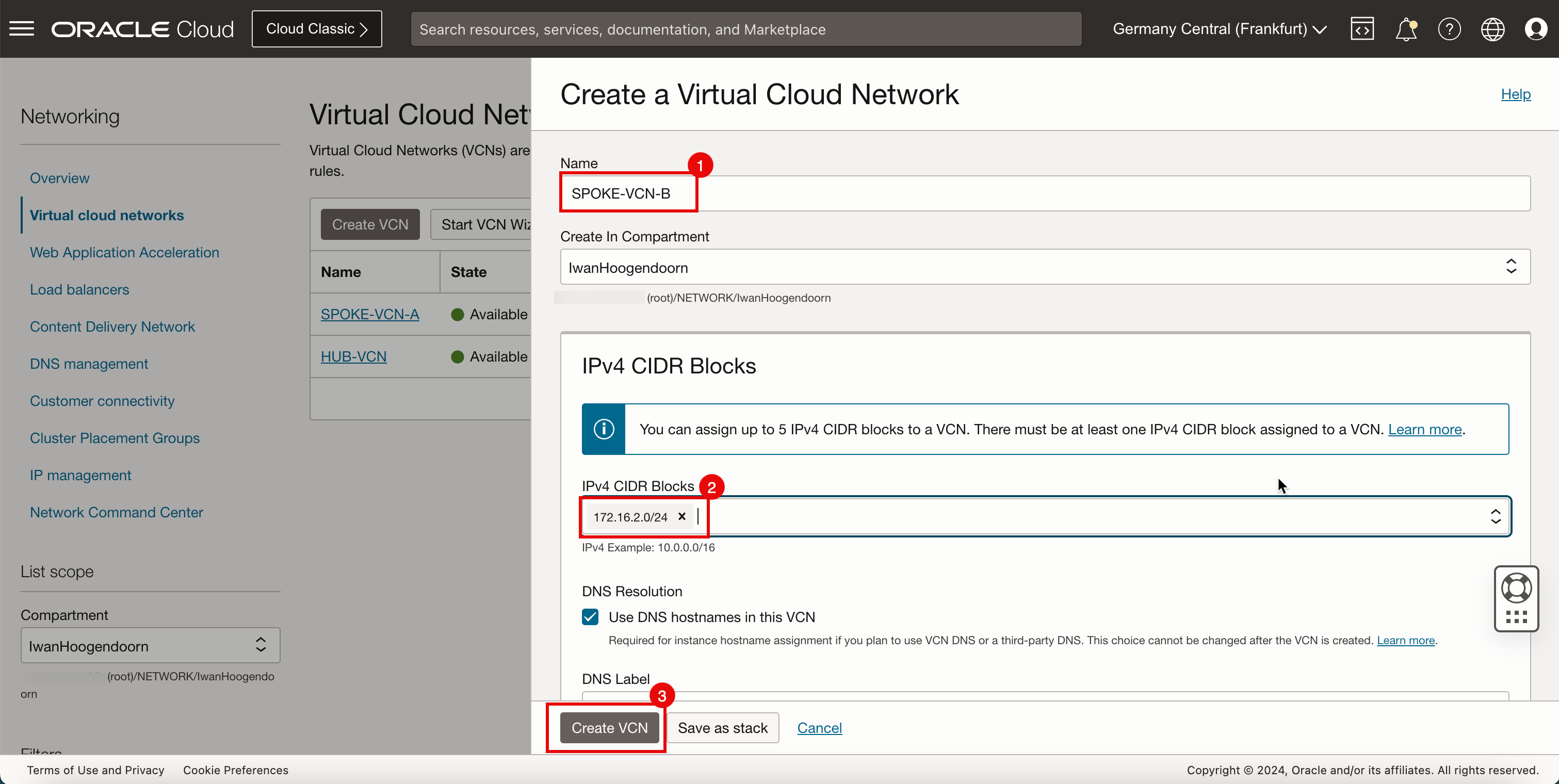

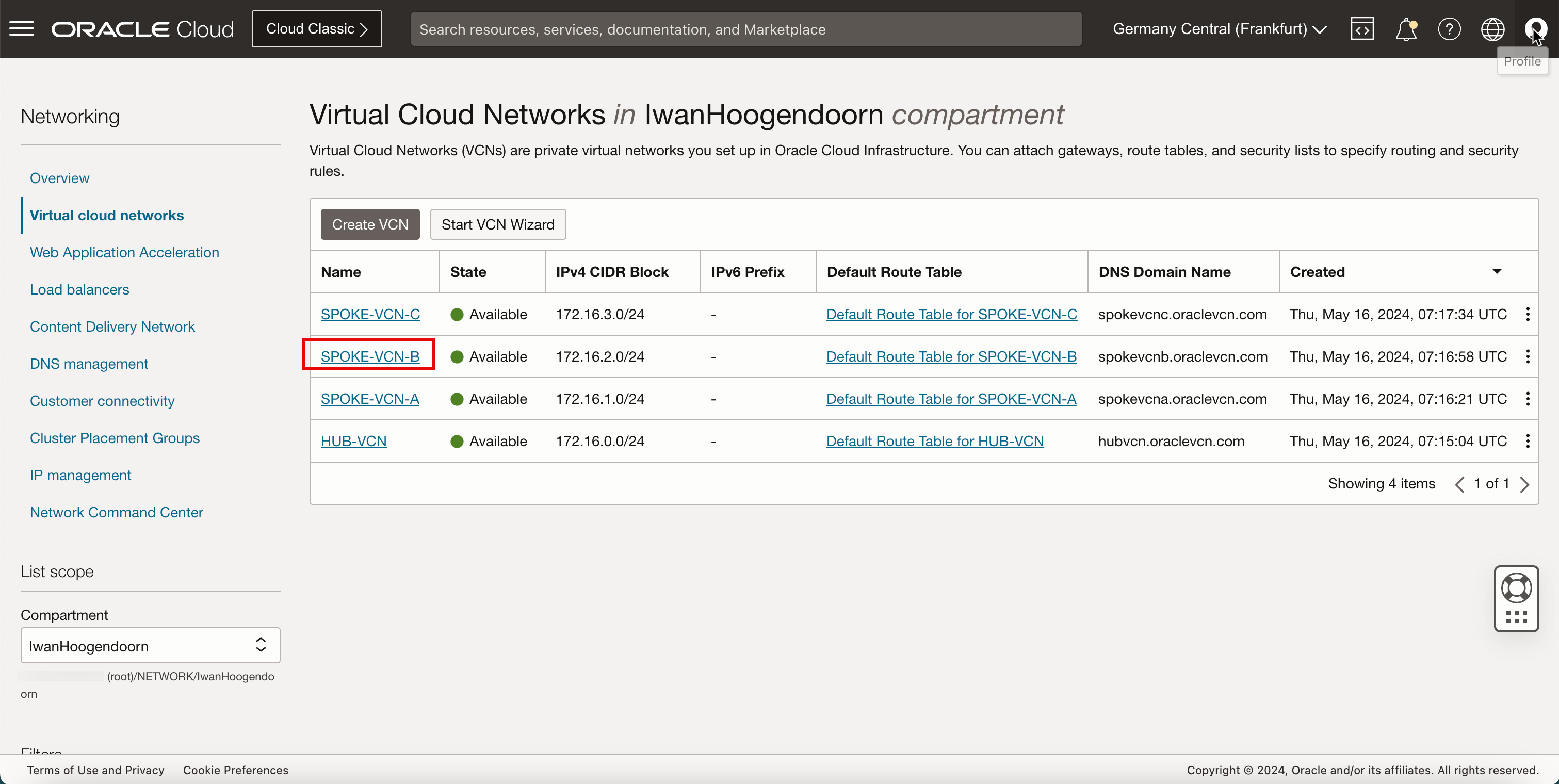

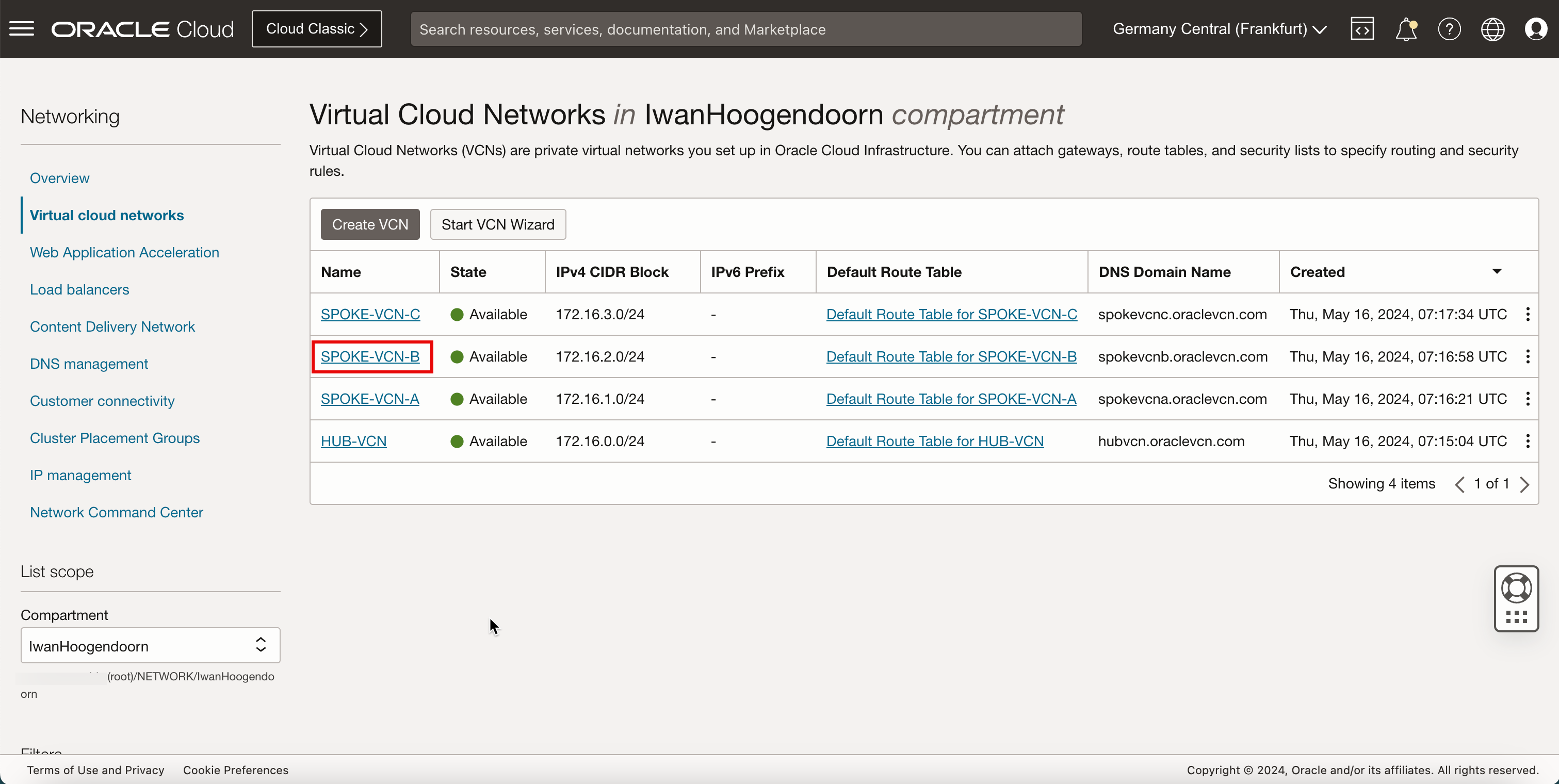

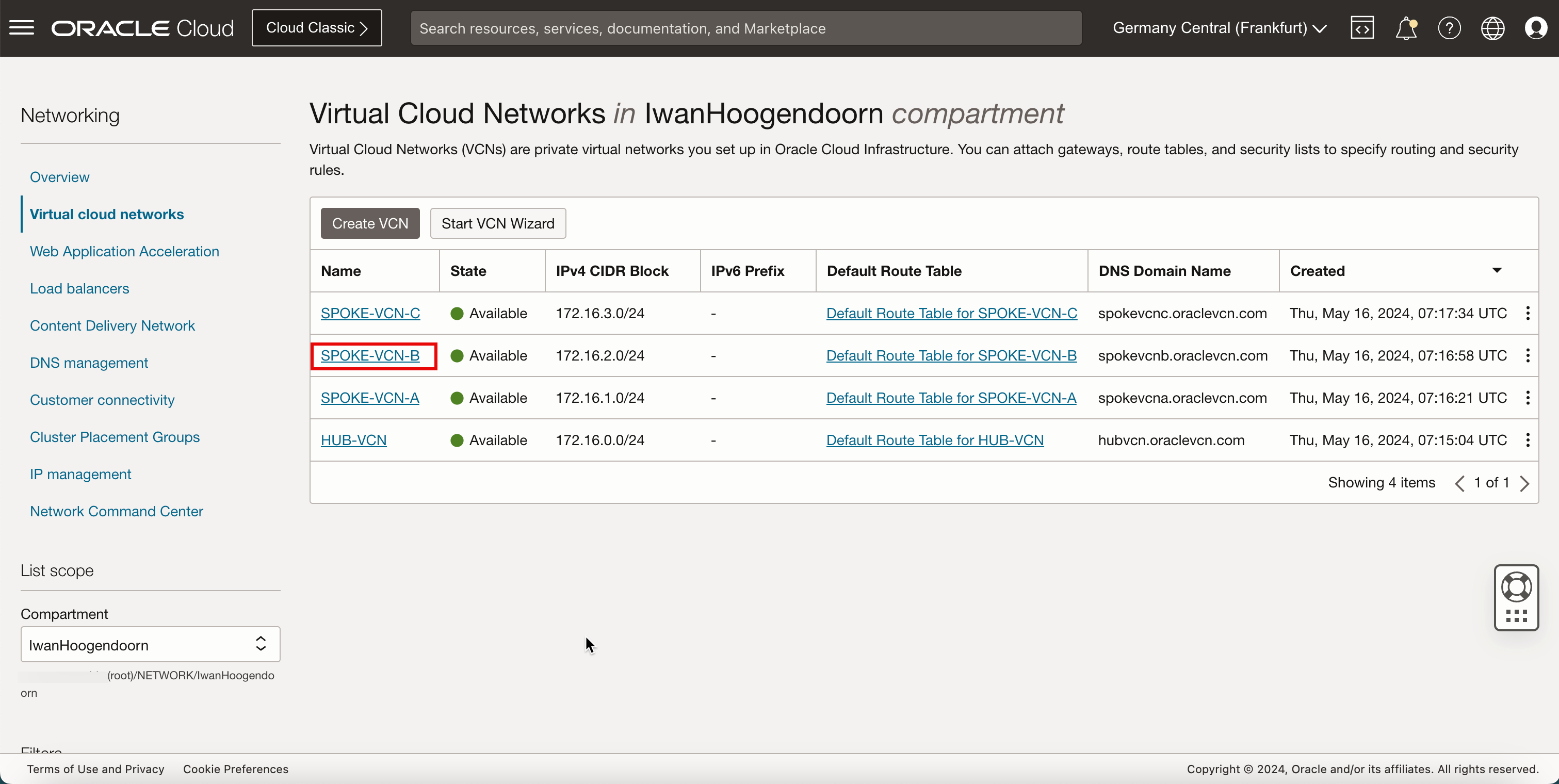

「VCNの作成」をクリックして、2番目のスポークVCN (スポークB)を作成します。

- スポークVCNの名前を入力します。

- ハブVCNにIPv4 CIDRブロックを入力します。

- 「VCNの作成」をクリックします。

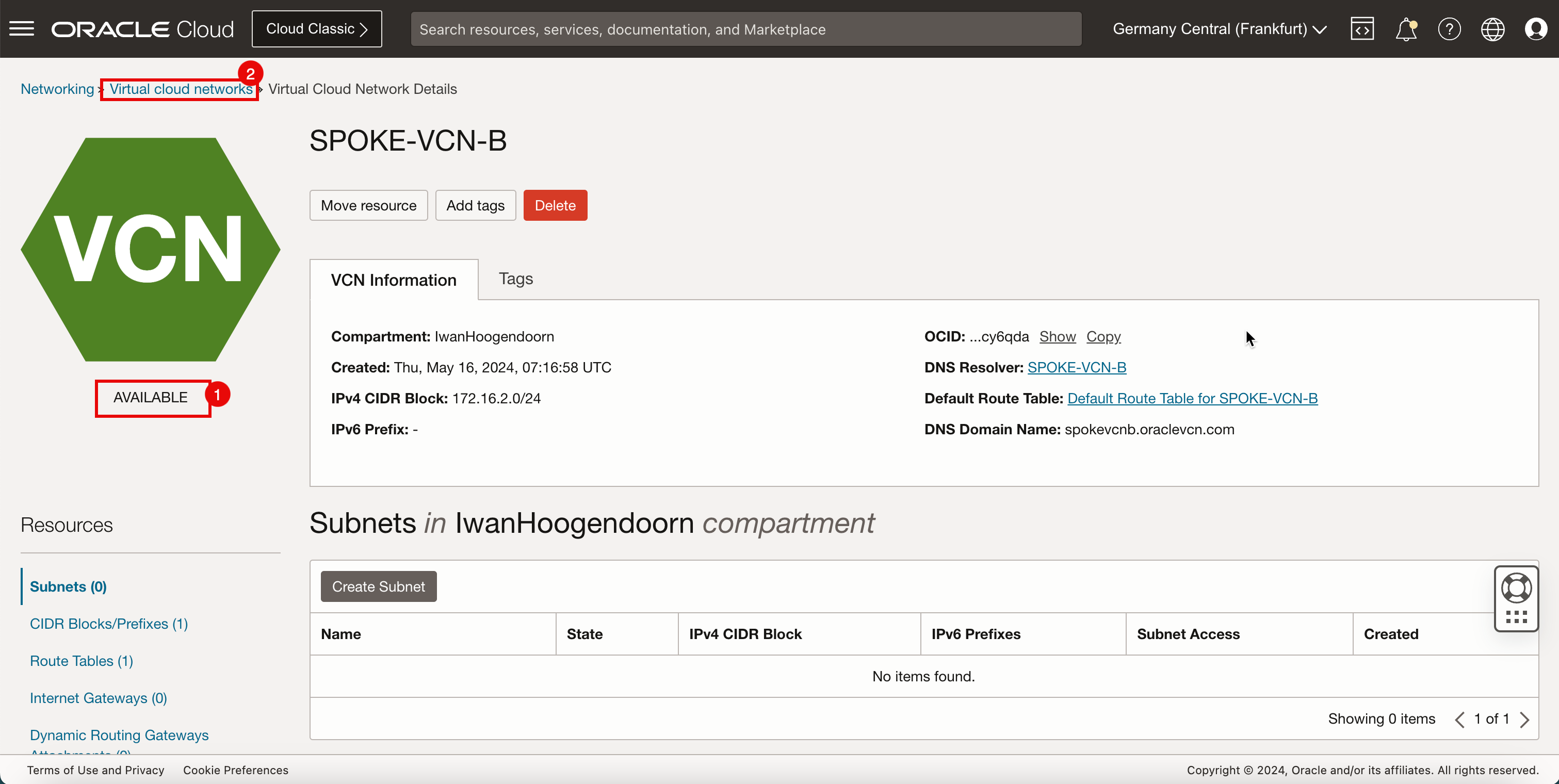

- スポークVCNが使用可能であることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

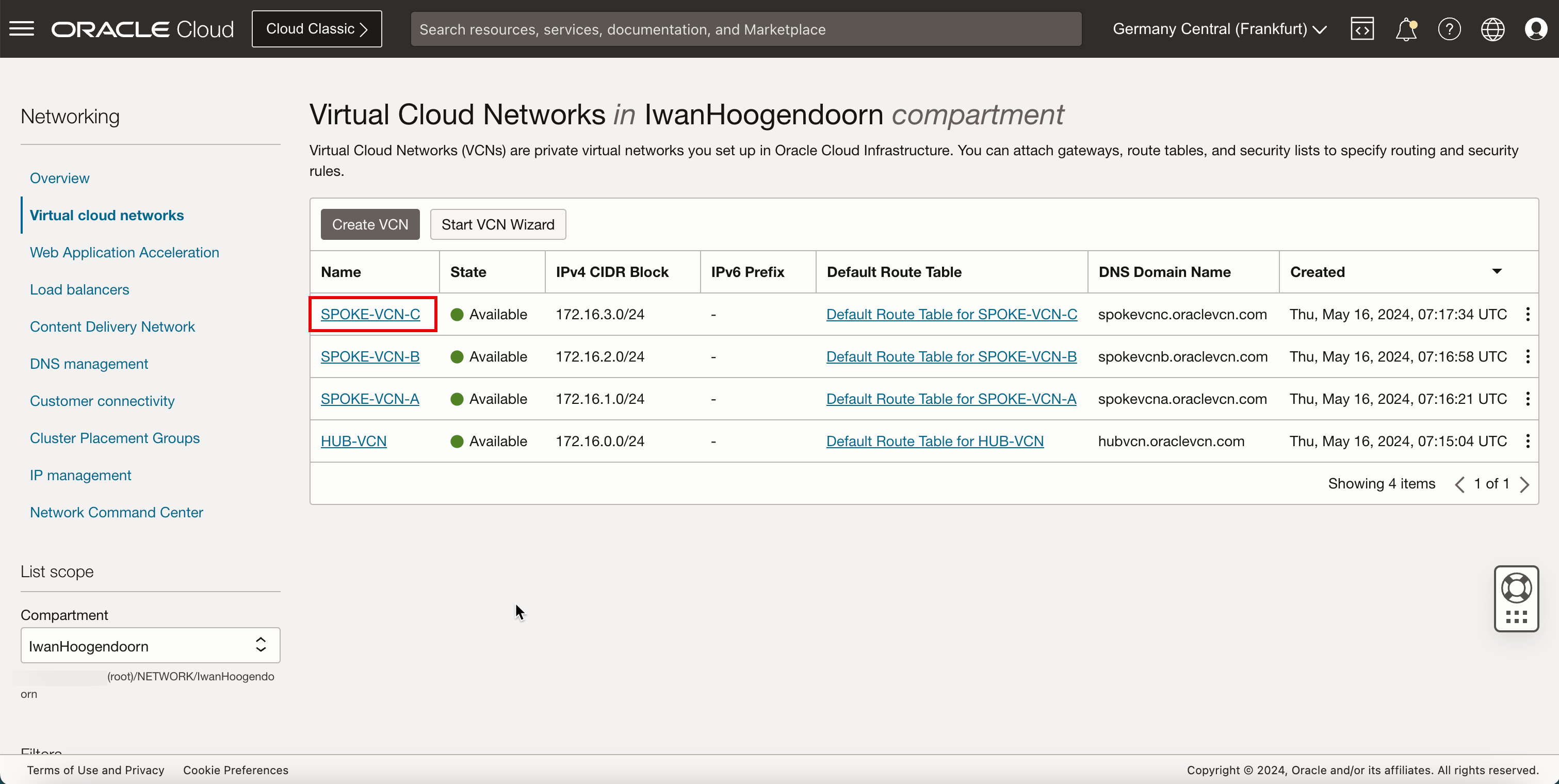

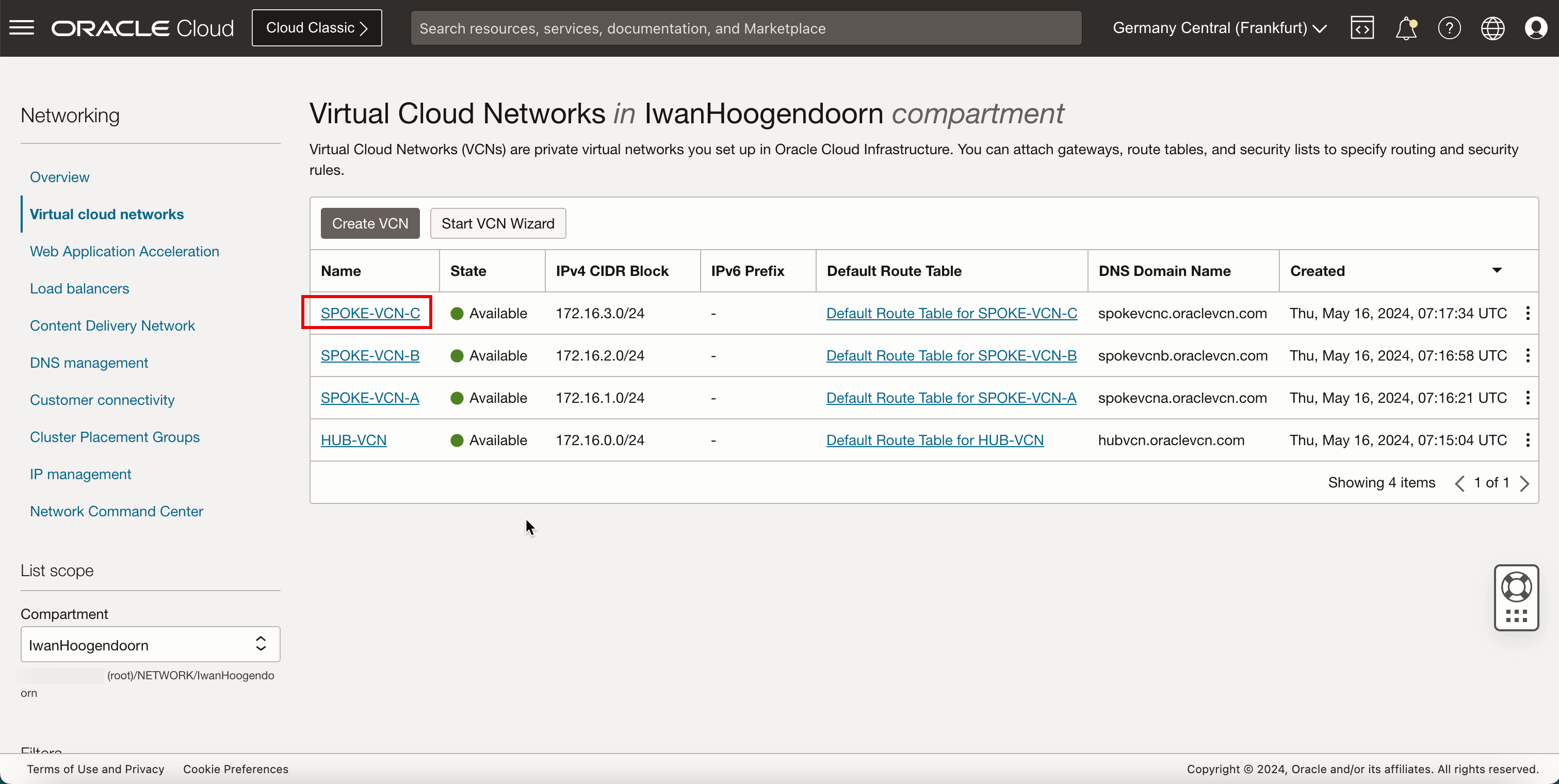

- 「VCNの作成」をクリックして、3番目のスポークVCNを作成します。

- スポークVCNの名前を入力します。

- ハブVCNにIPv4 CIDRブロックを入力します。

- 「VCNの作成」をクリックします。

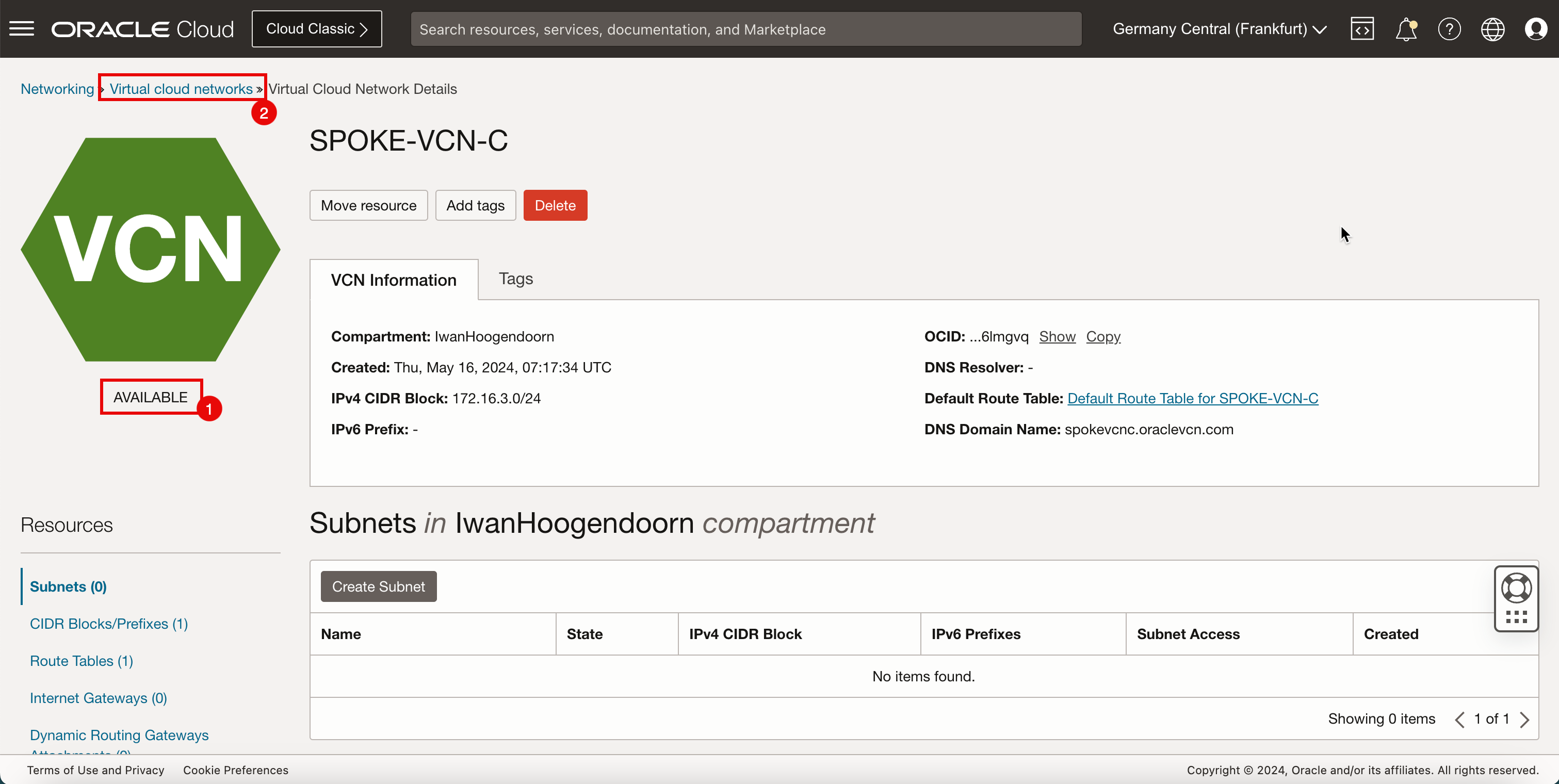

- スポークVCNが使用可能であることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

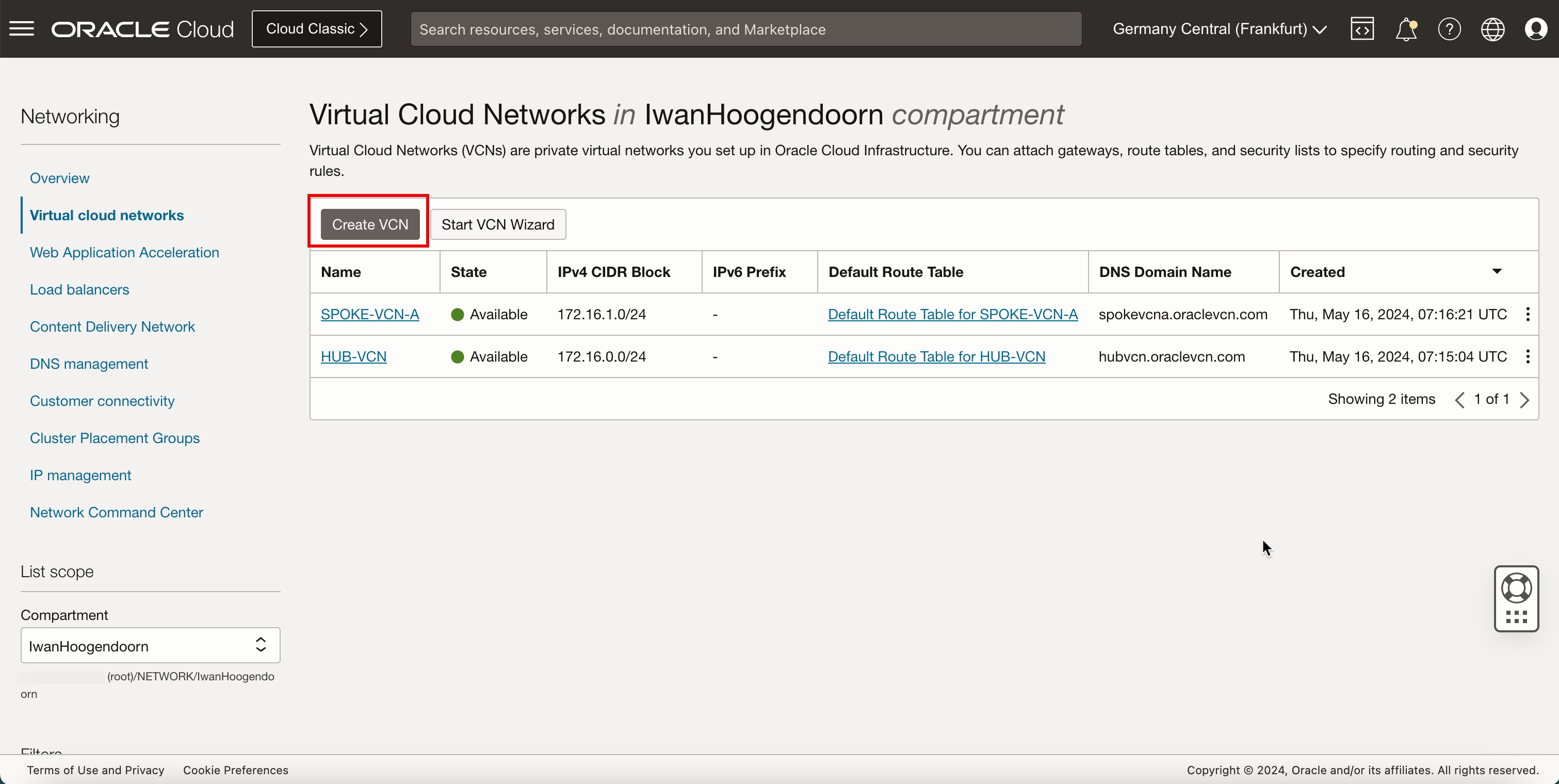

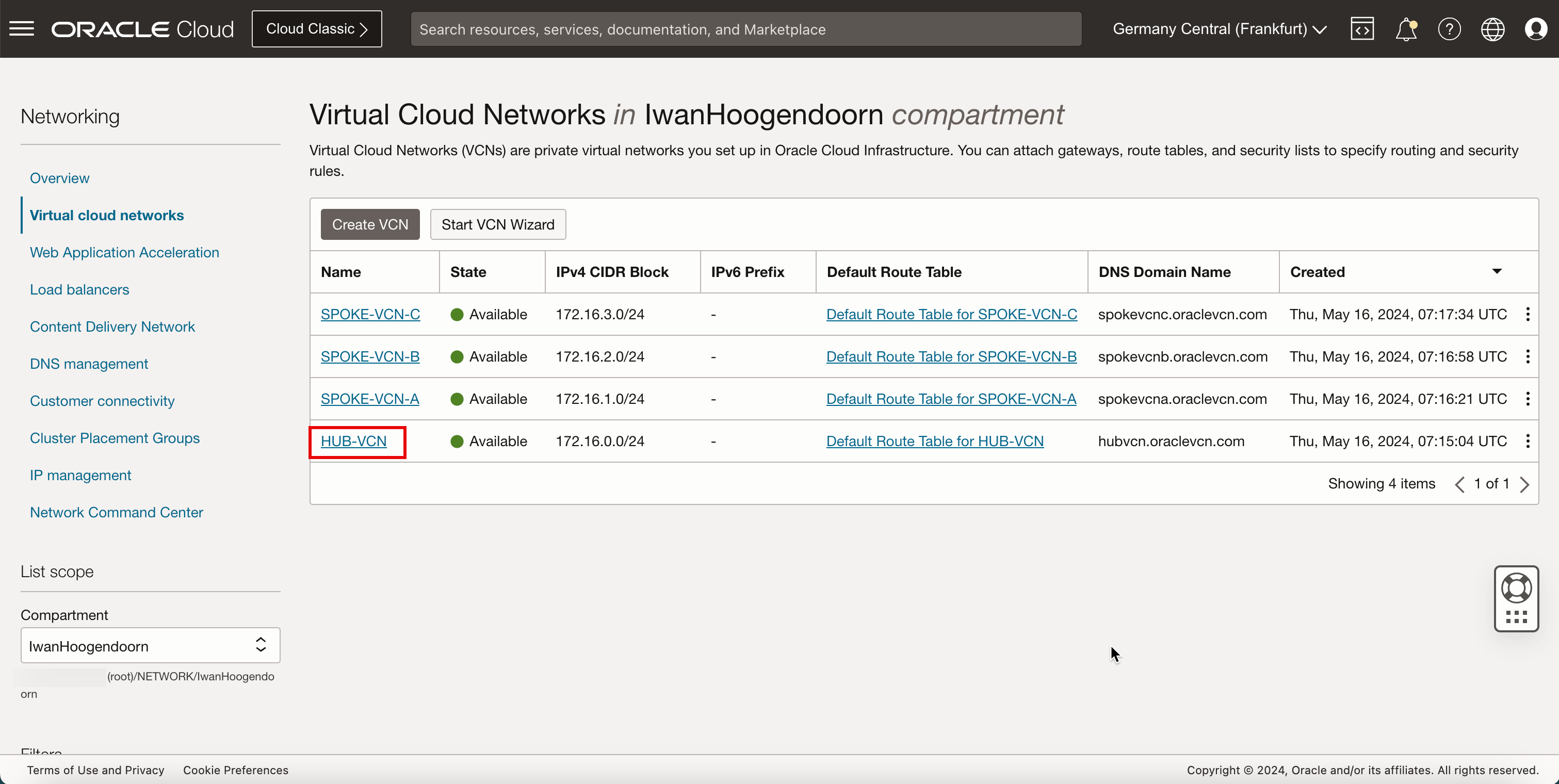

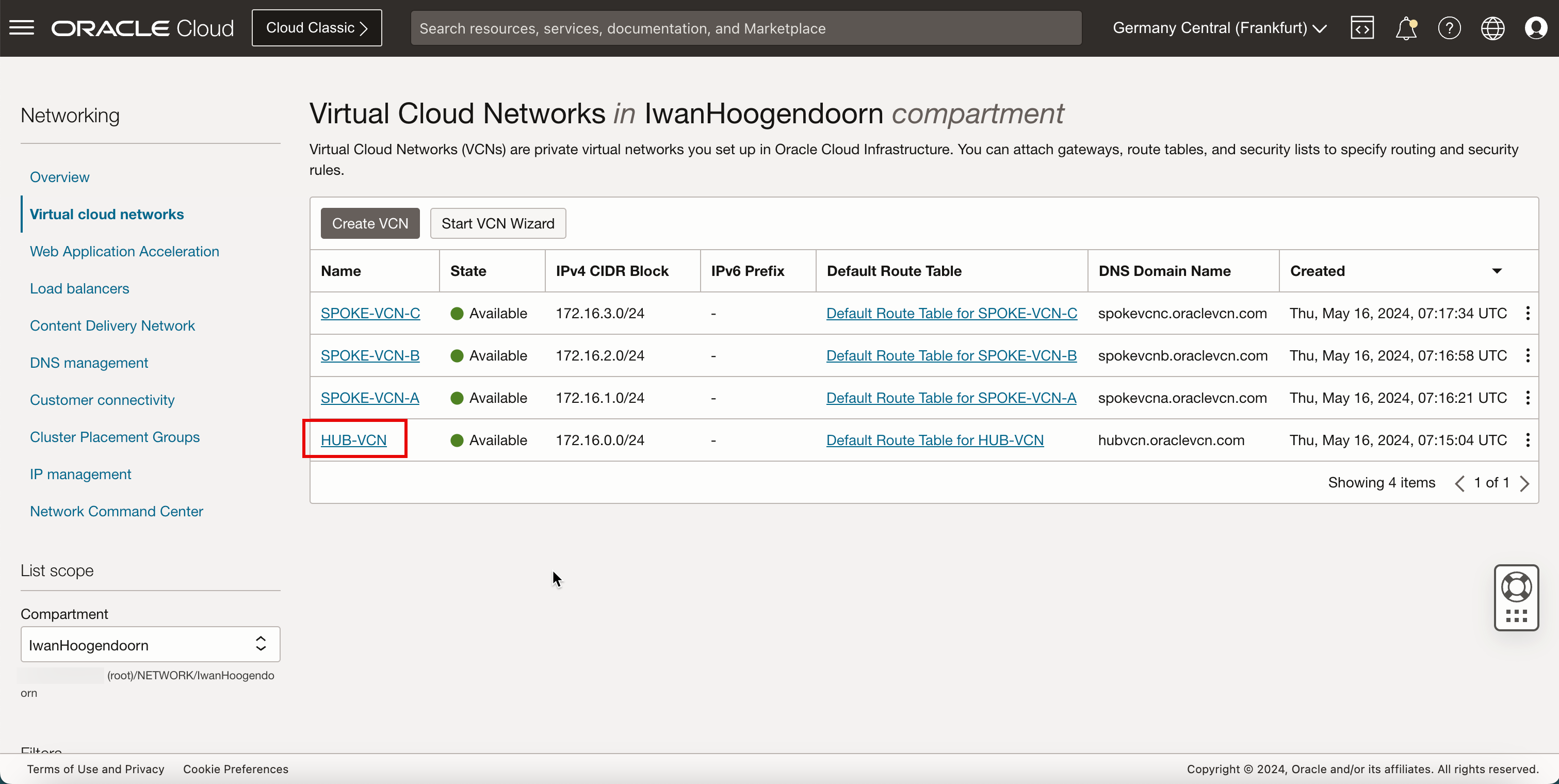

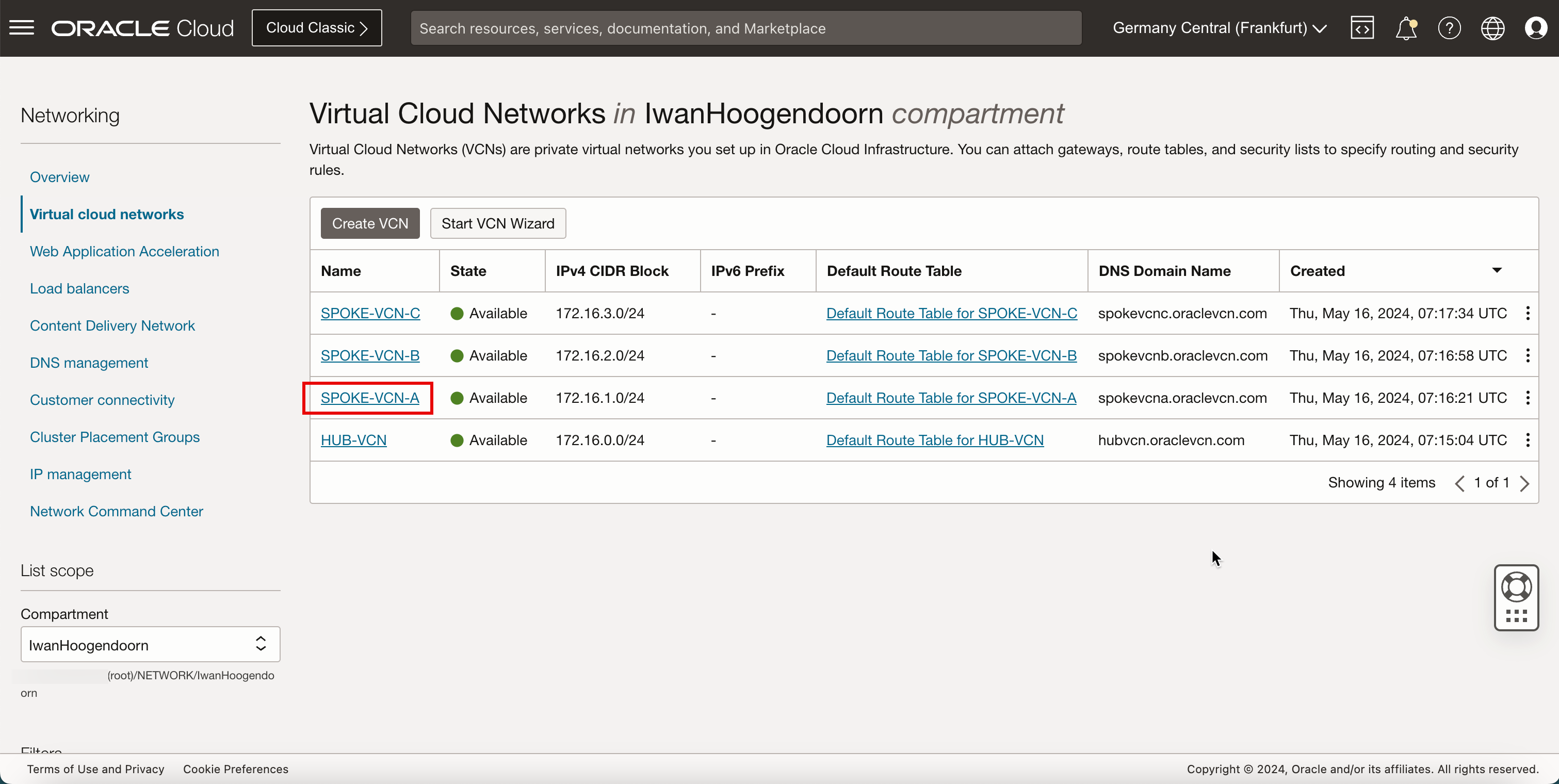

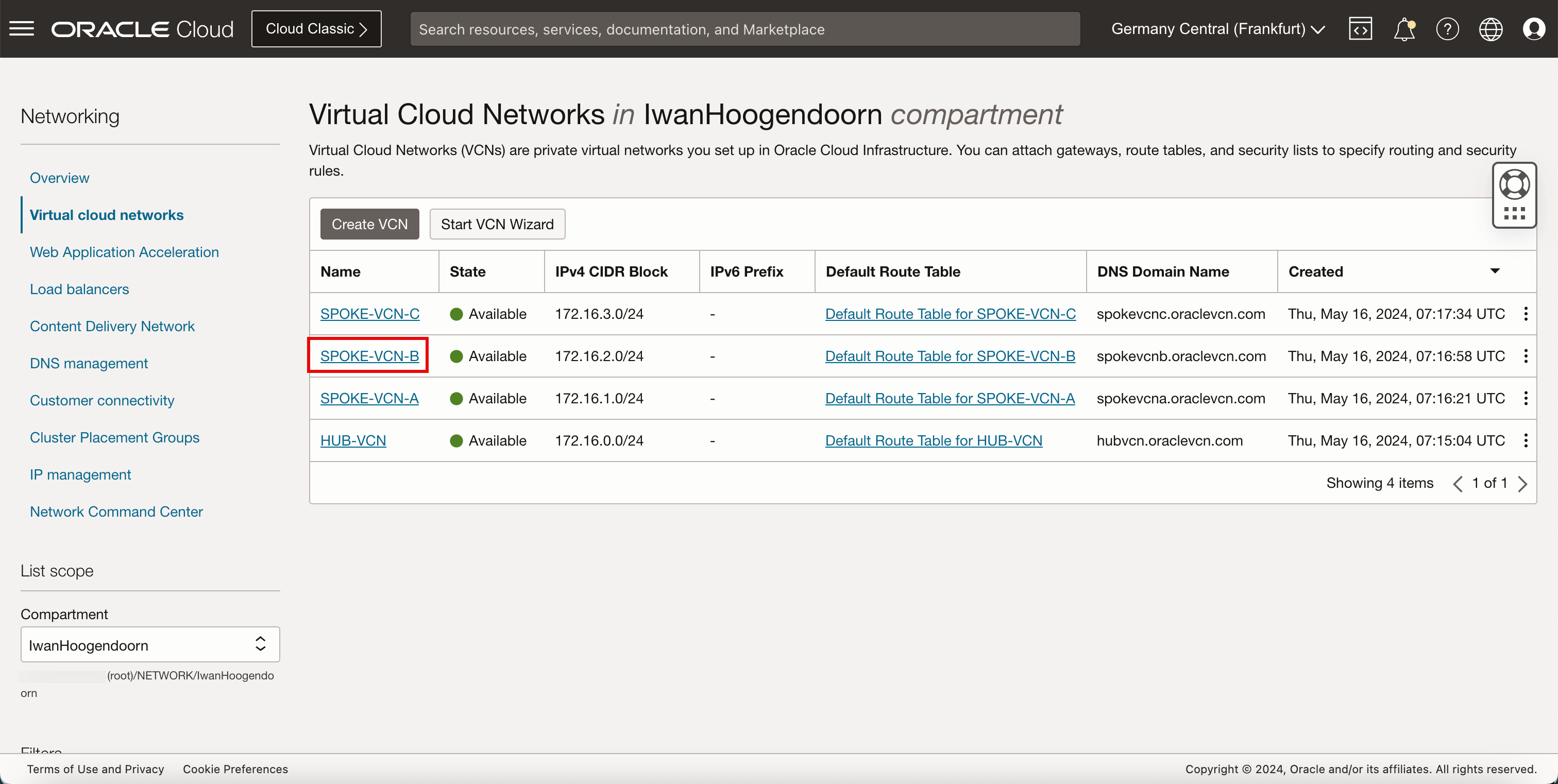

-

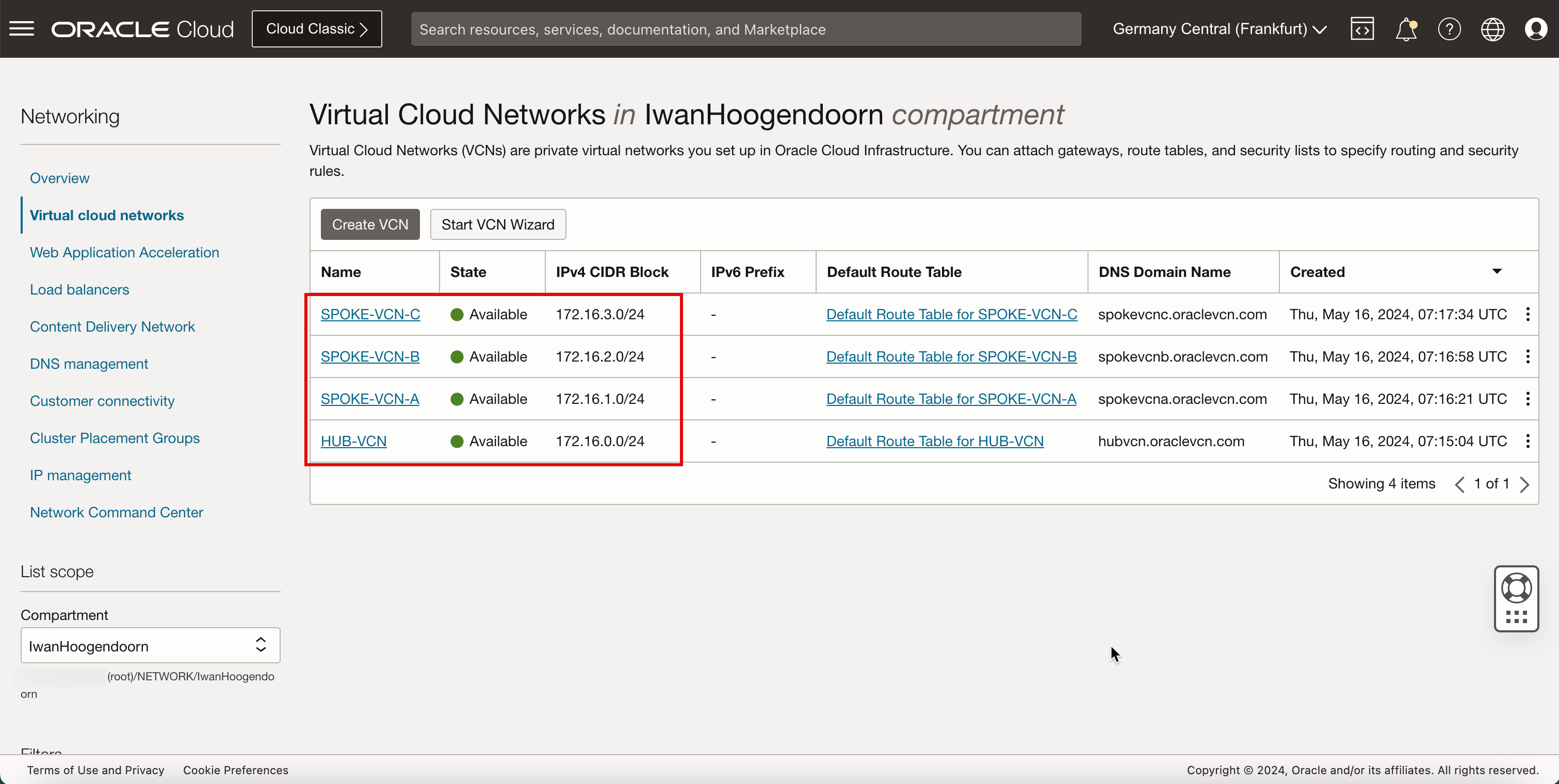

1つのハブと3つのスポークSCNが作成されていることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

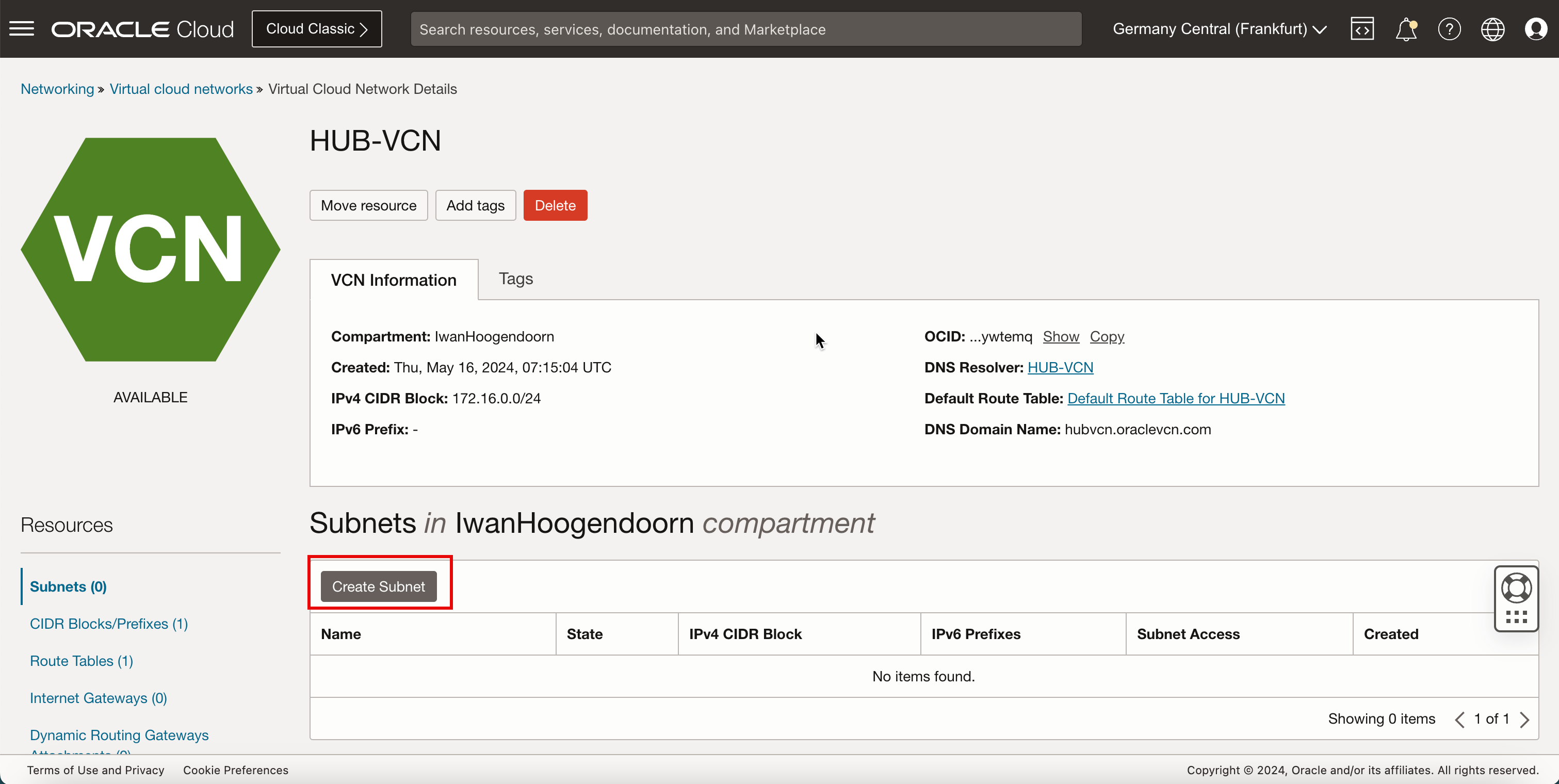

タスク2: ハブおよびスポークSCN内でのサブネットの作成

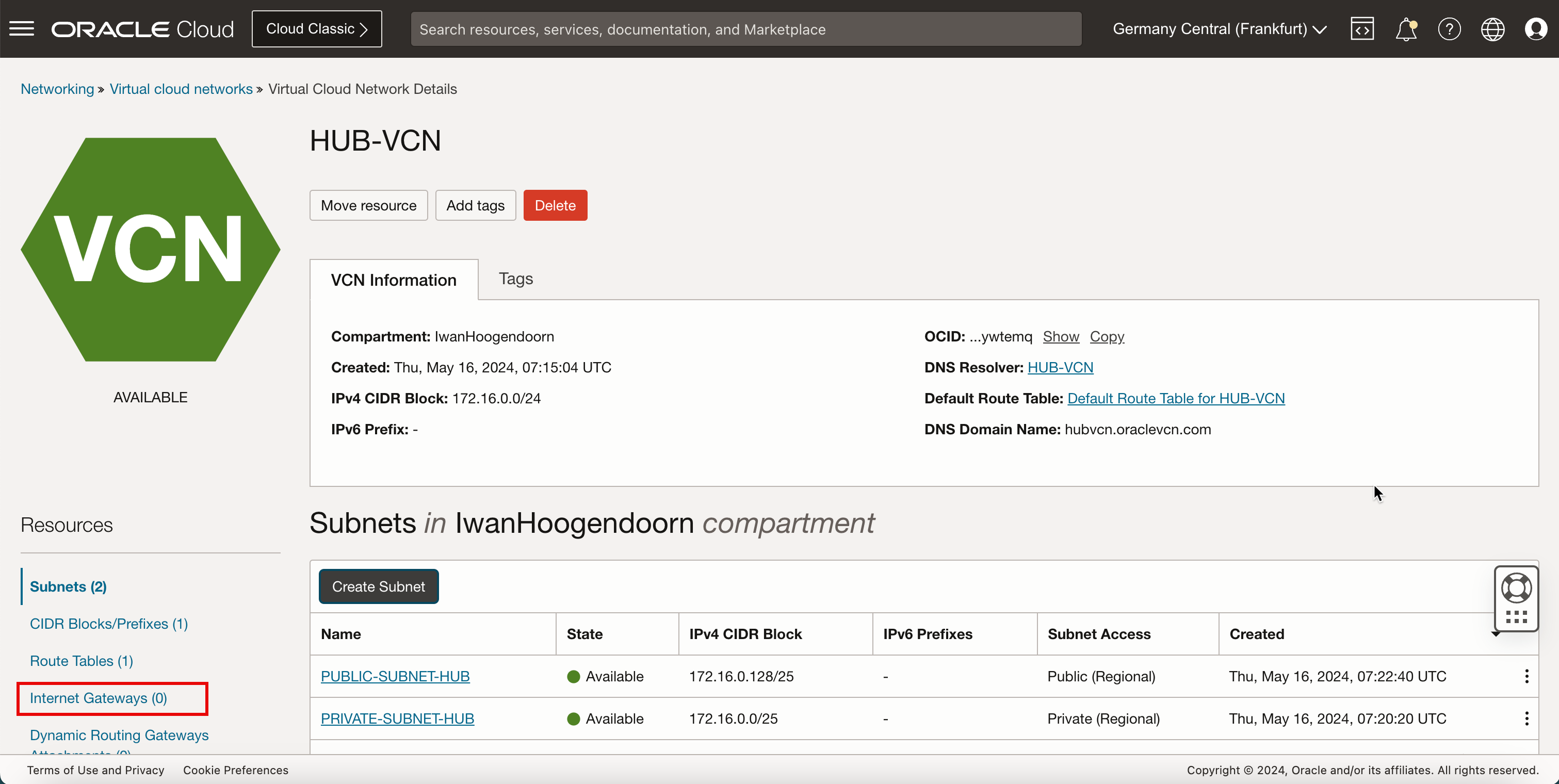

ハブとスポークVCNが配置されています。次に、VCN内にサブネットを作成します。

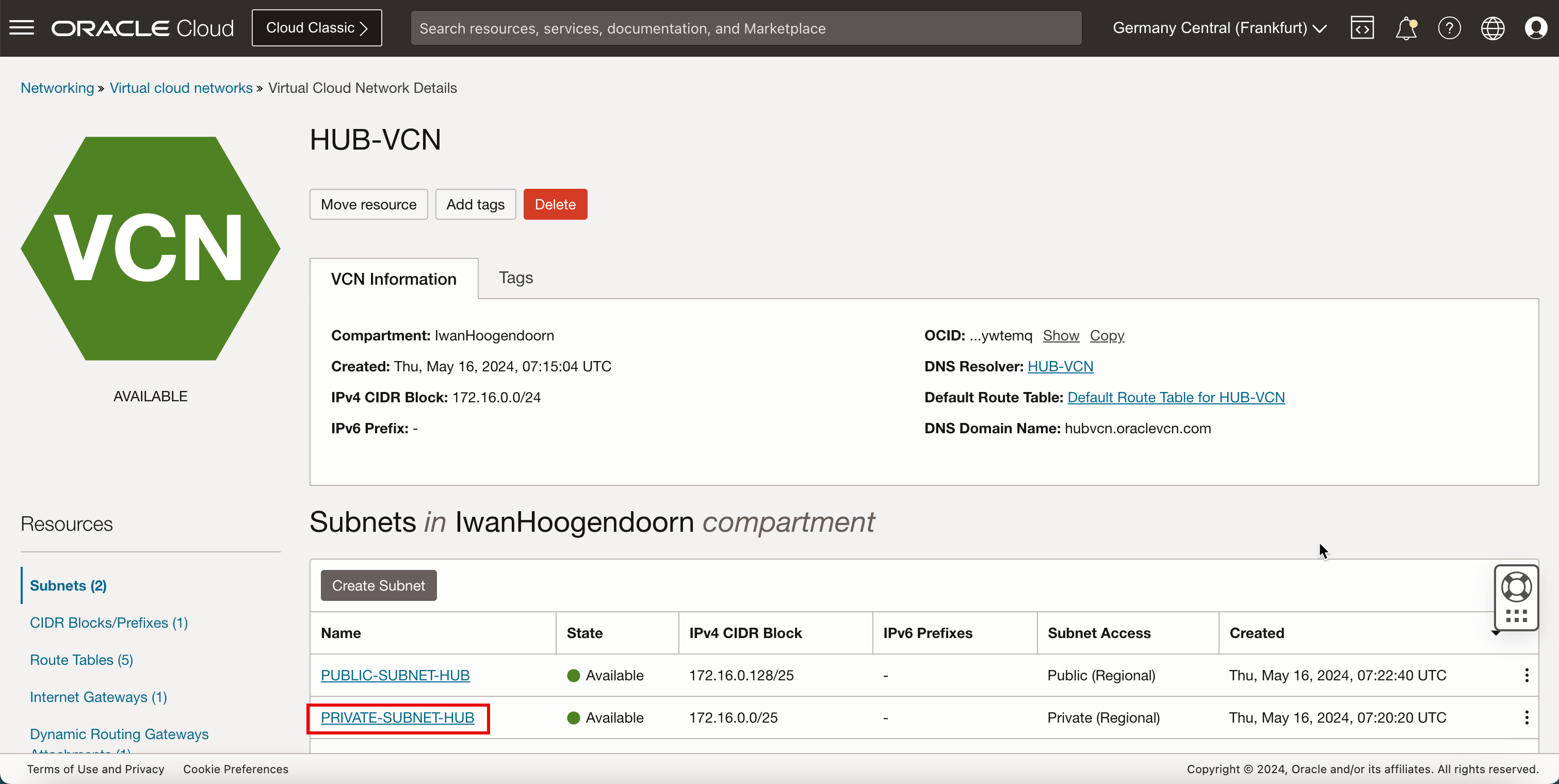

ハブVCN内のサブネットの作成

ハブVCNで、1つのプライベート・サブネットと1つのパブリック・サブネットを作成します。

-

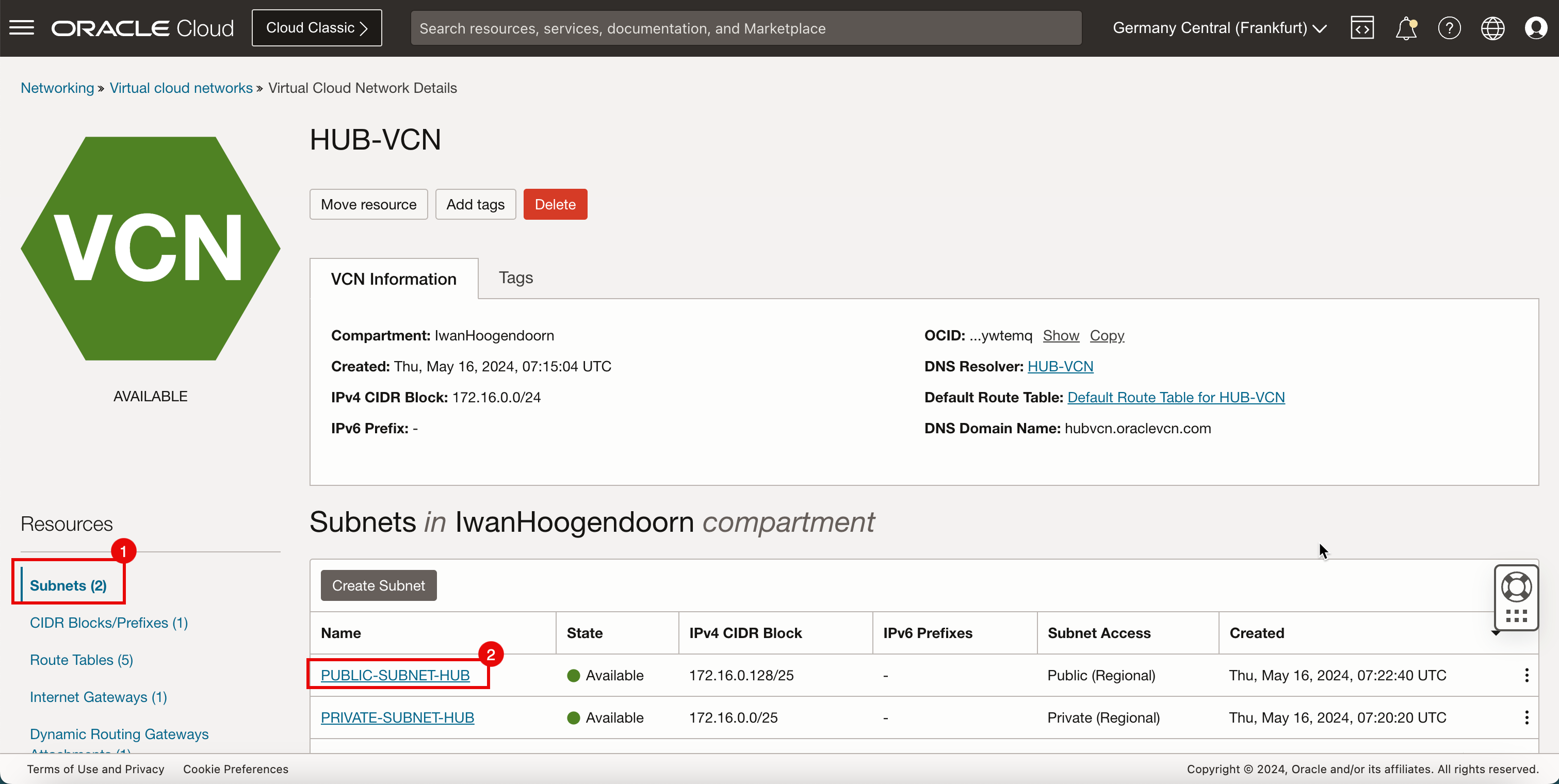

ハブVCNをクリックします。

-

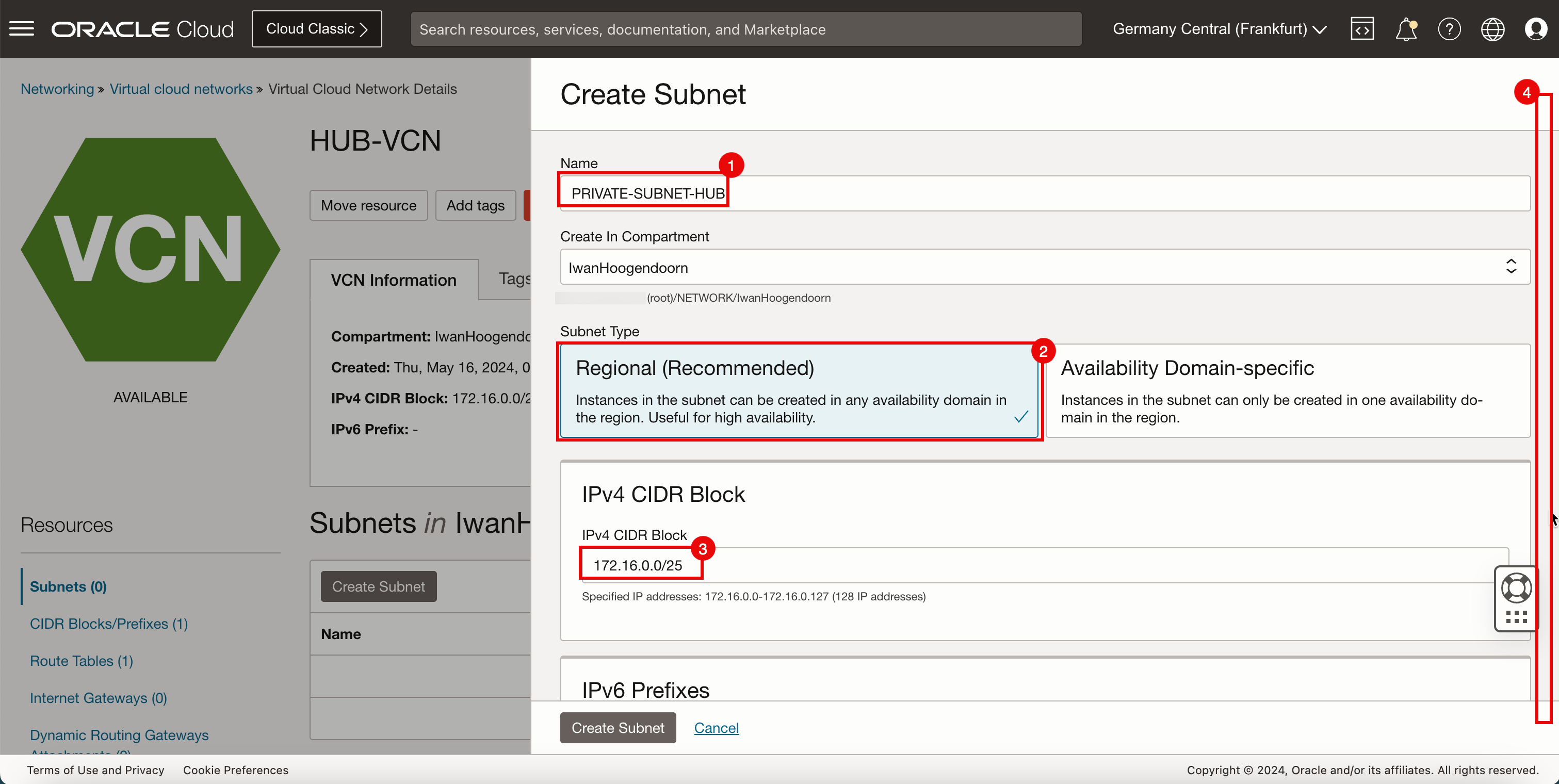

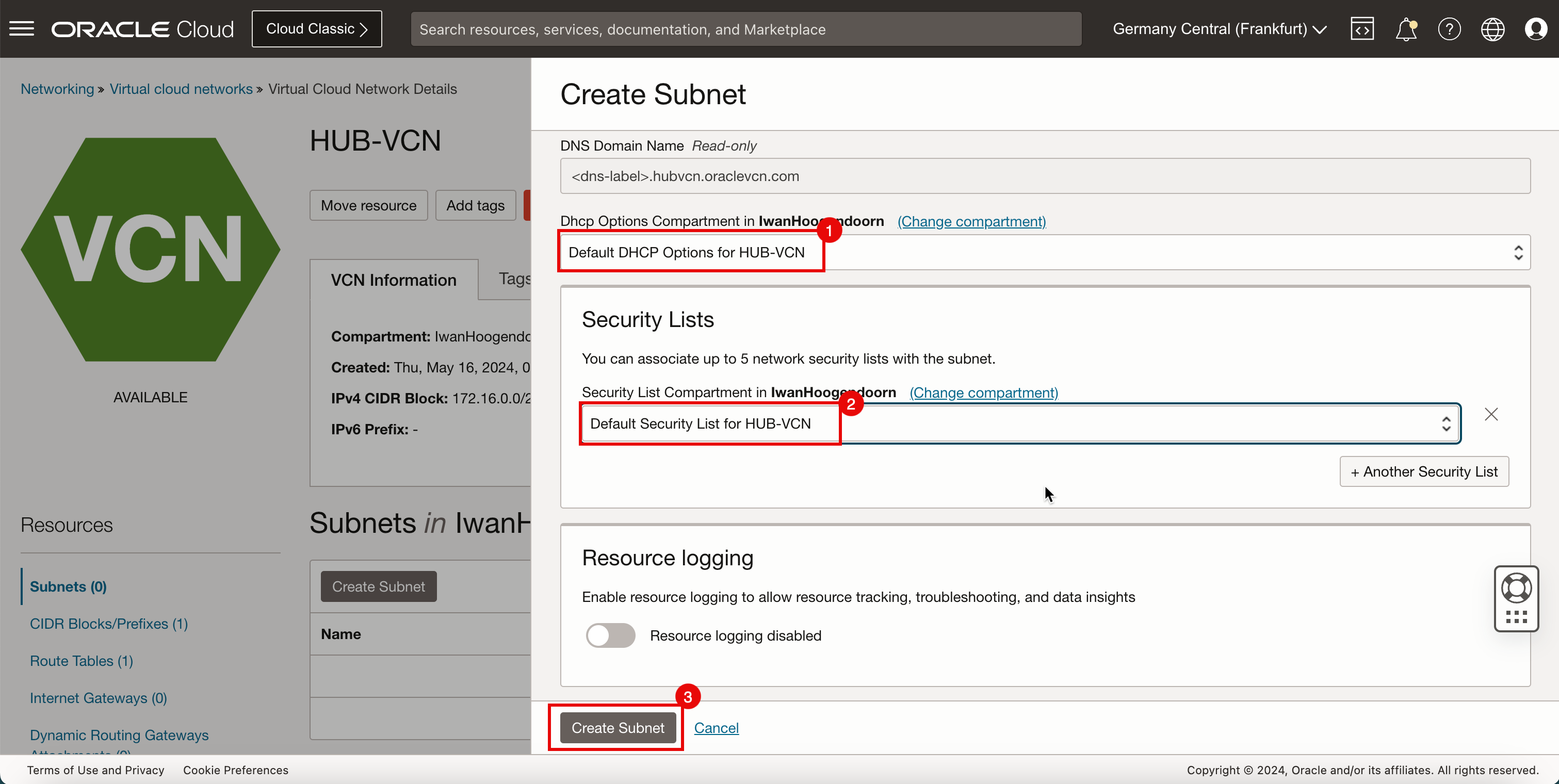

「サブネットの作成」をクリックして、最初のサブネット(プライベート)を作成します。

- プライベート・サブネットの名前を入力します。

- 「サブネット・タイプ」で、「リージョン」を選択します。

- プライベート・サブネットの「IPv4 CIDRブロック」を入力します。

- 下へスクロール

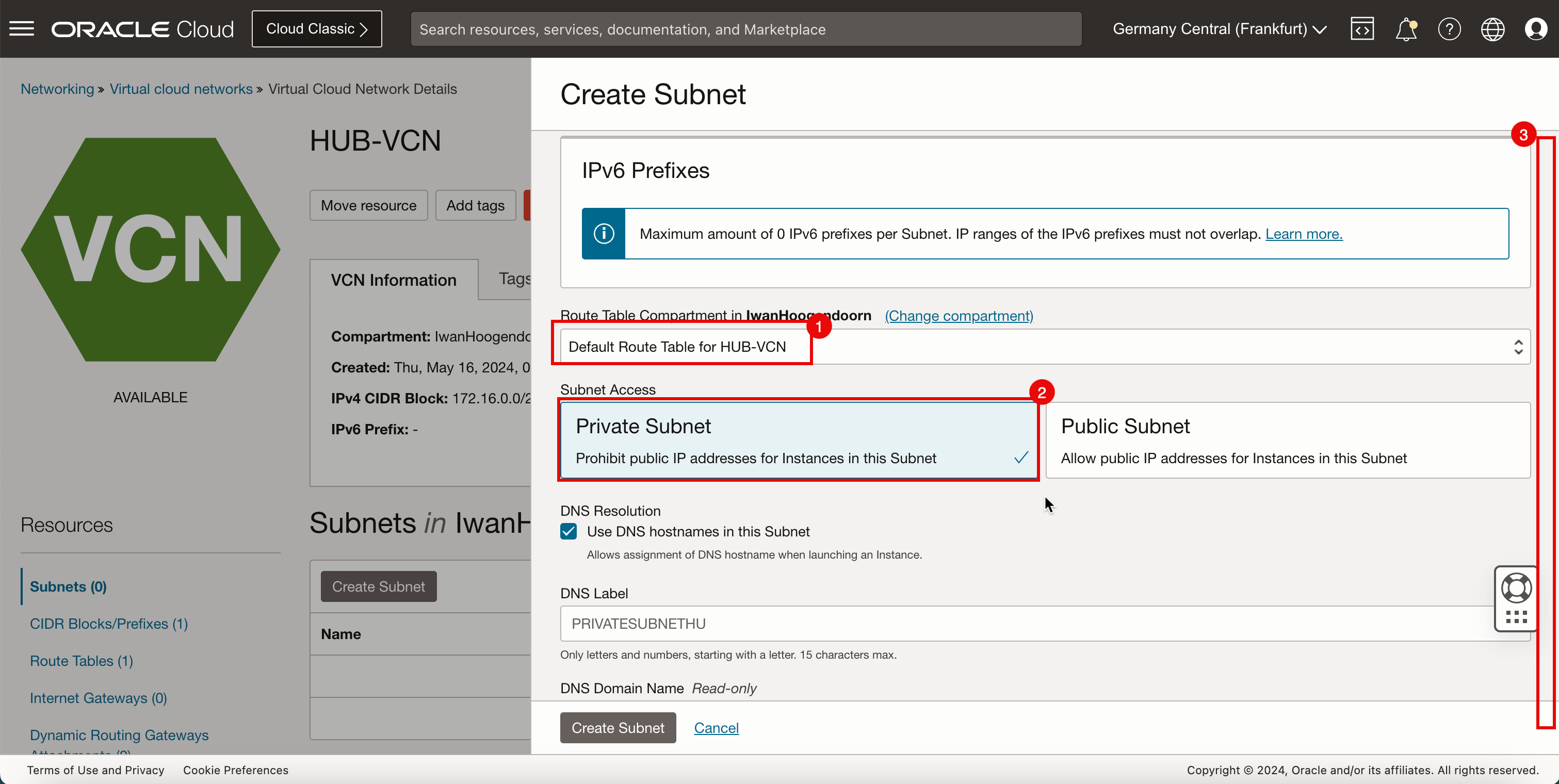

- 「ルート表」で、デフォルト・ルート表を選択します。

- 「サブネット・アクセス」で、プライベート・サブネットを選択します。

- 下へスクロール

- 「DHCPオプション」で、デフォルトのDHCPオプションを選択します。

- 「セキュリティ・リスト」で、デフォルト・セキュリティ・リストを選択します。

- 「サブネットの作成」をクリックします。

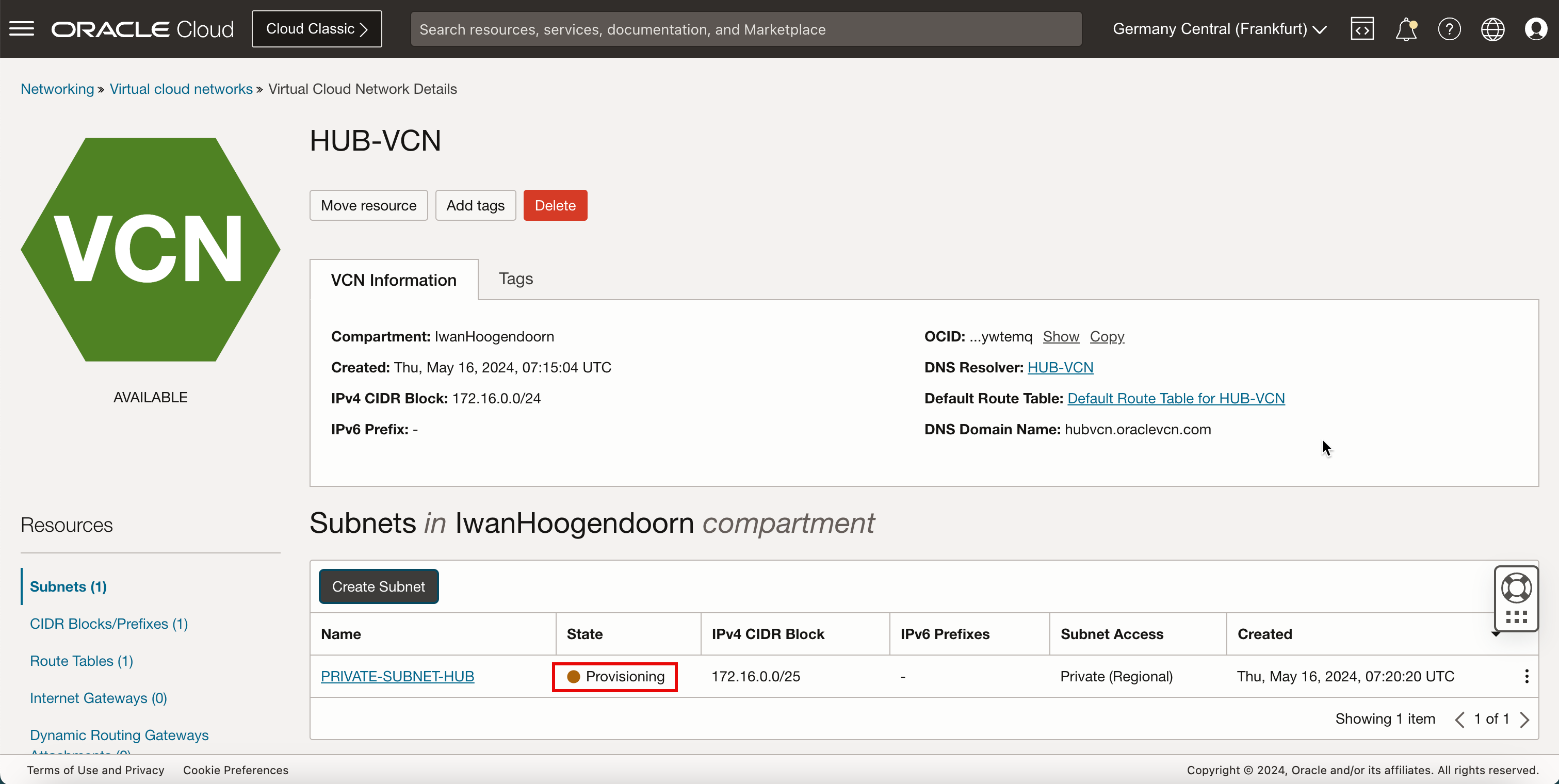

-

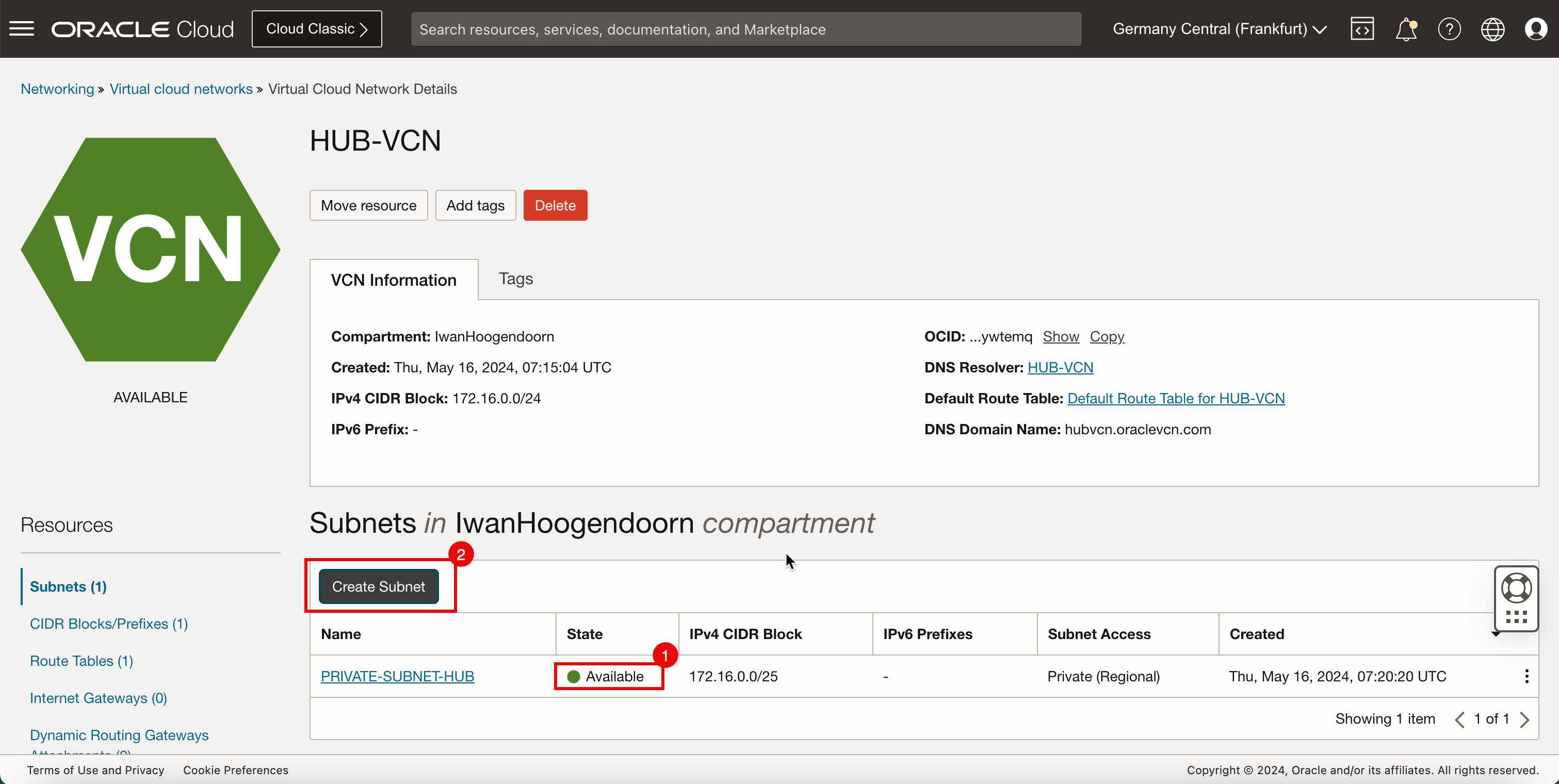

状態が「プロビジョニング中」に設定されていることを確認します。

- 数分後、状態は「使用可能」に変更されます。

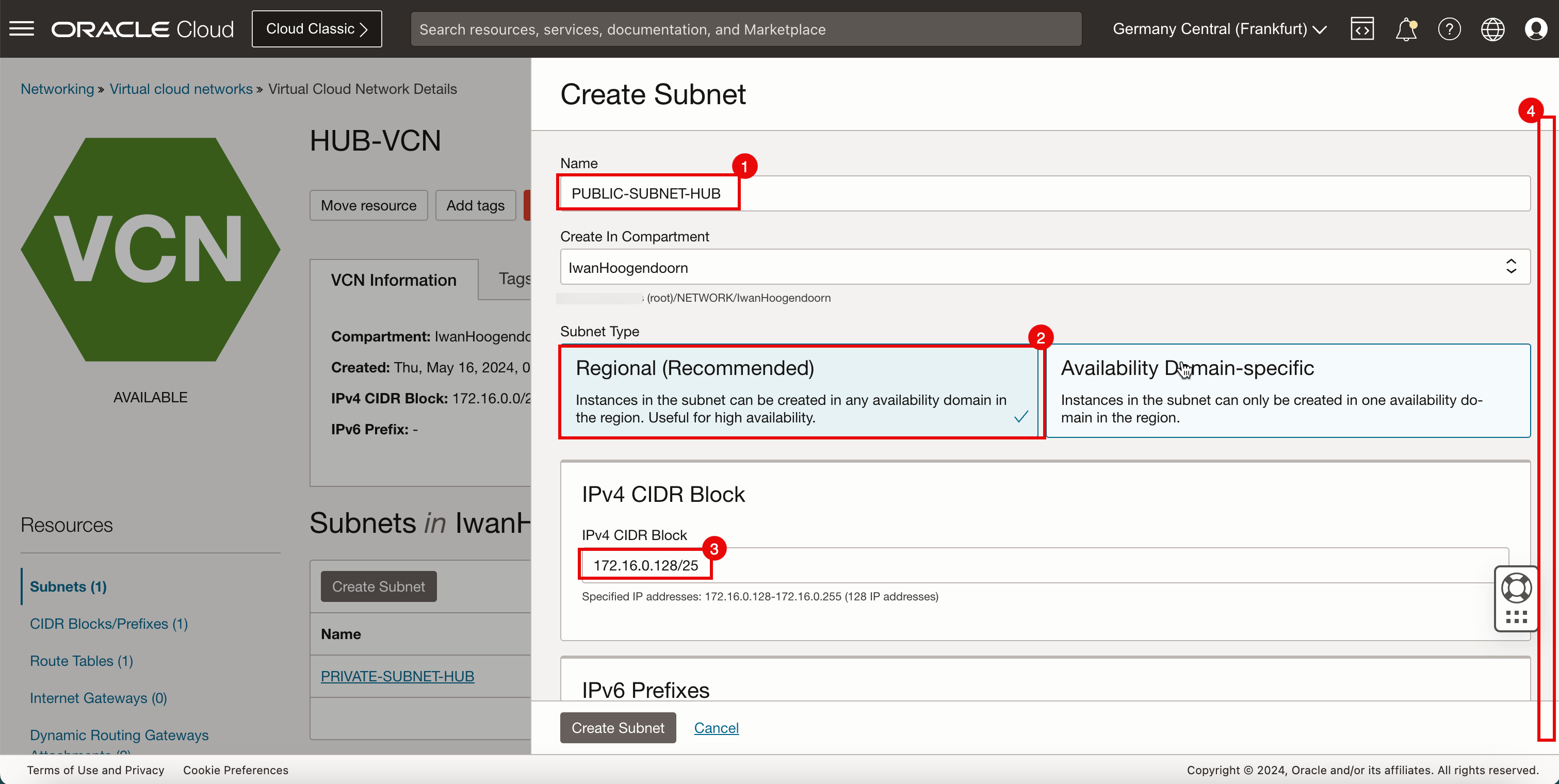

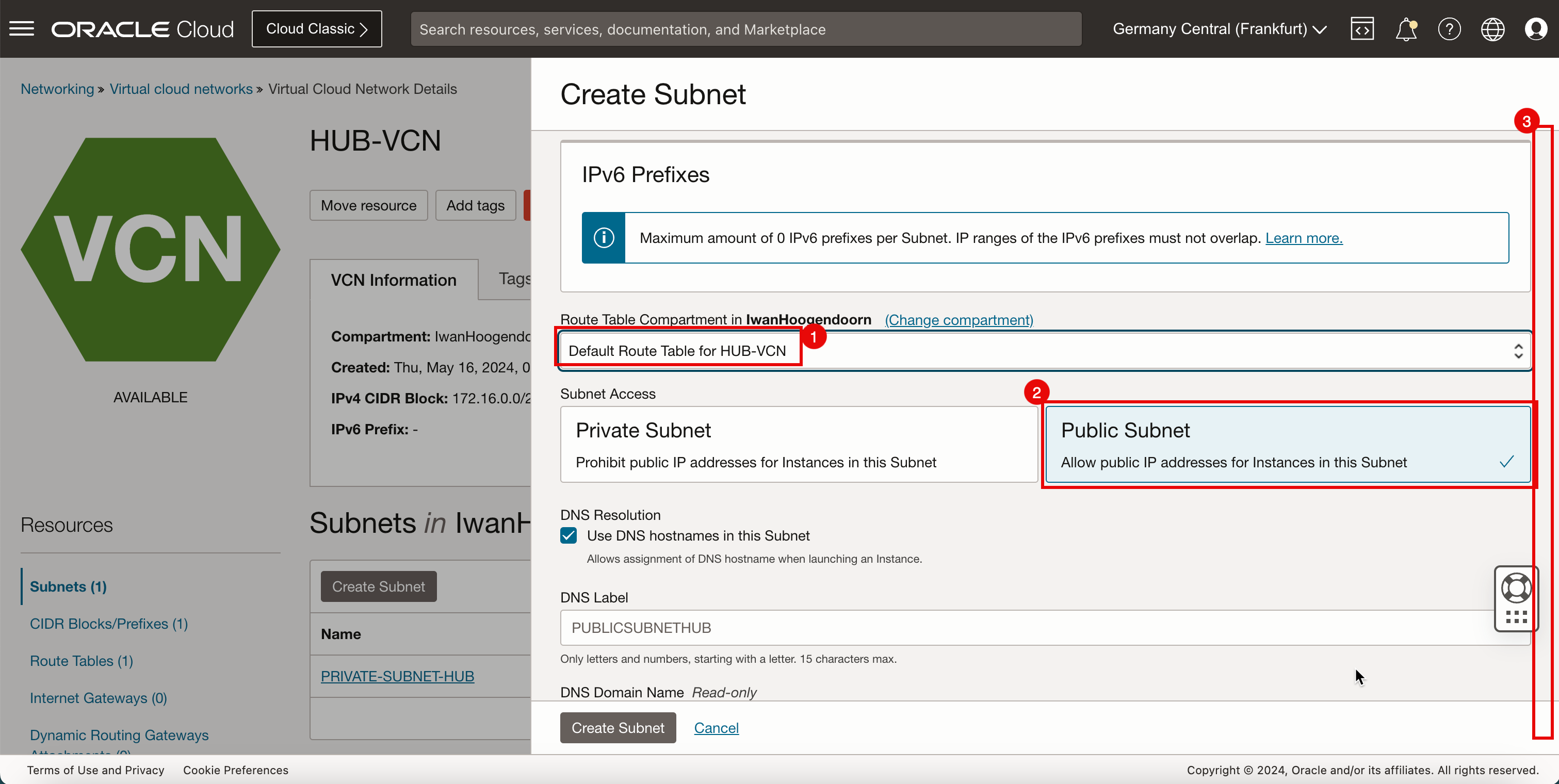

- 「サブネットの作成」をクリックして、2番目のサブネット(パブリック)を作成します。

- プライベート・サブネットの名前を入力します。

- 「サブネット・タイプ」で、「リージョン」を選択します。

- パブリック・サブネットに「IPv4 CIDRブロック」と入力します。

- 下へスクロール

- 「ルート表」で、デフォルト・ルート表を選択します。

- 「サブネット・アクセス」で、「パブリック・サブネット」を選択します。

- 下へスクロール

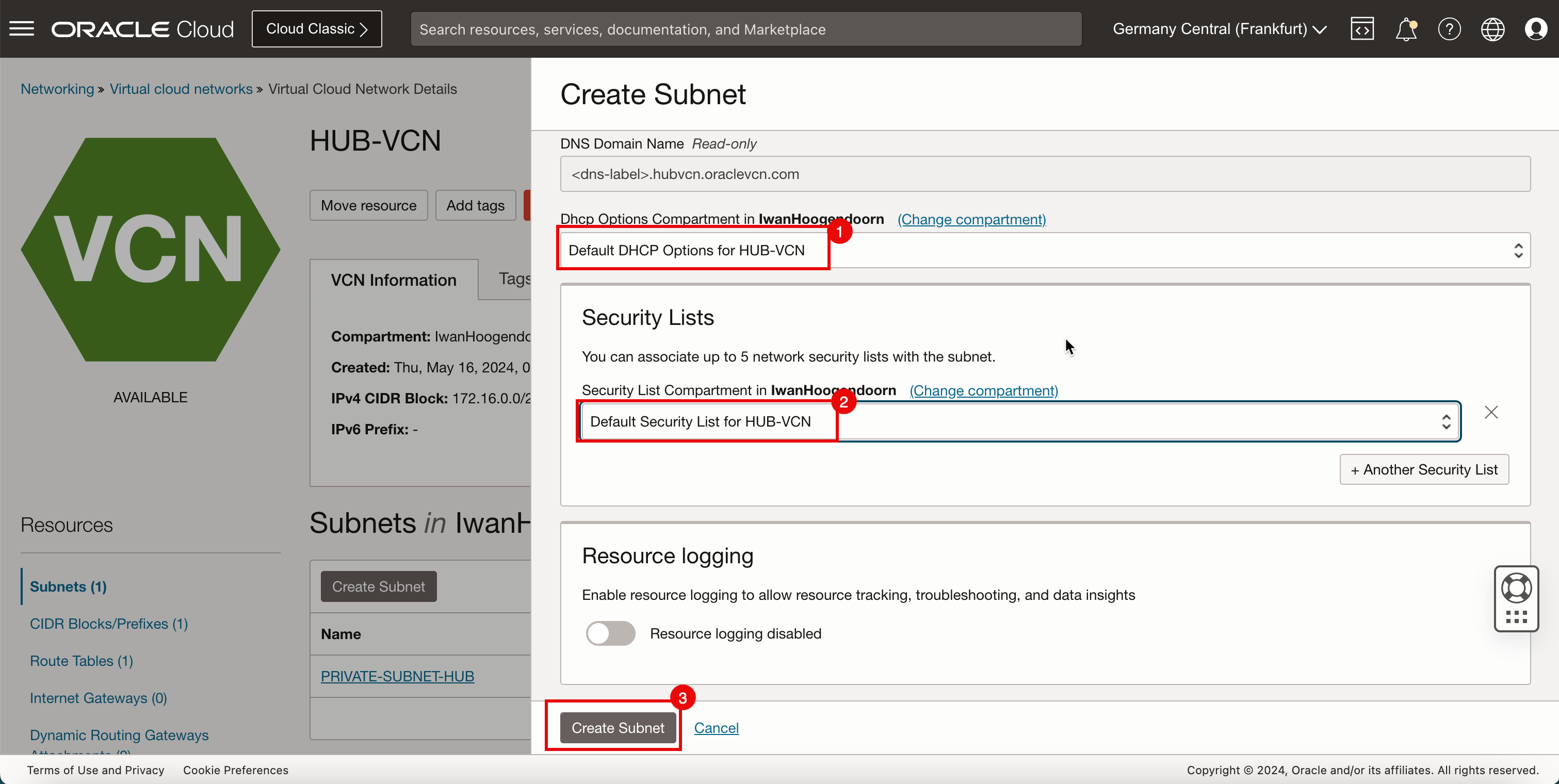

- 「DHCPオプション」で、デフォルトのDHCPオプションを選択します。

- 「セキュリティ・リスト」で、デフォルト・セキュリティ・リストを選択します。

- 「サブネットの作成」をクリックします。

-

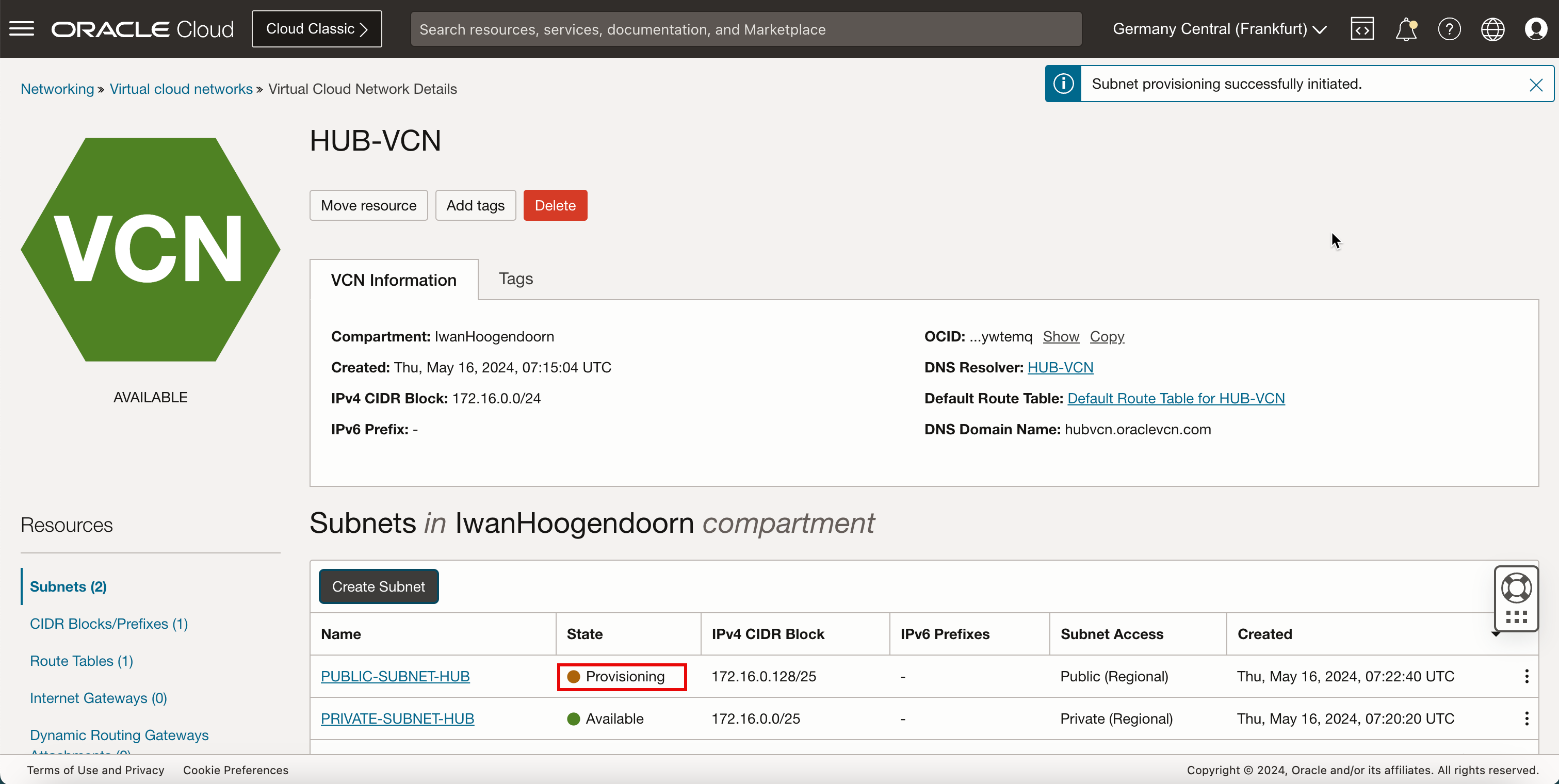

状態が「プロビジョニング中」に設定されていることを確認します。

-

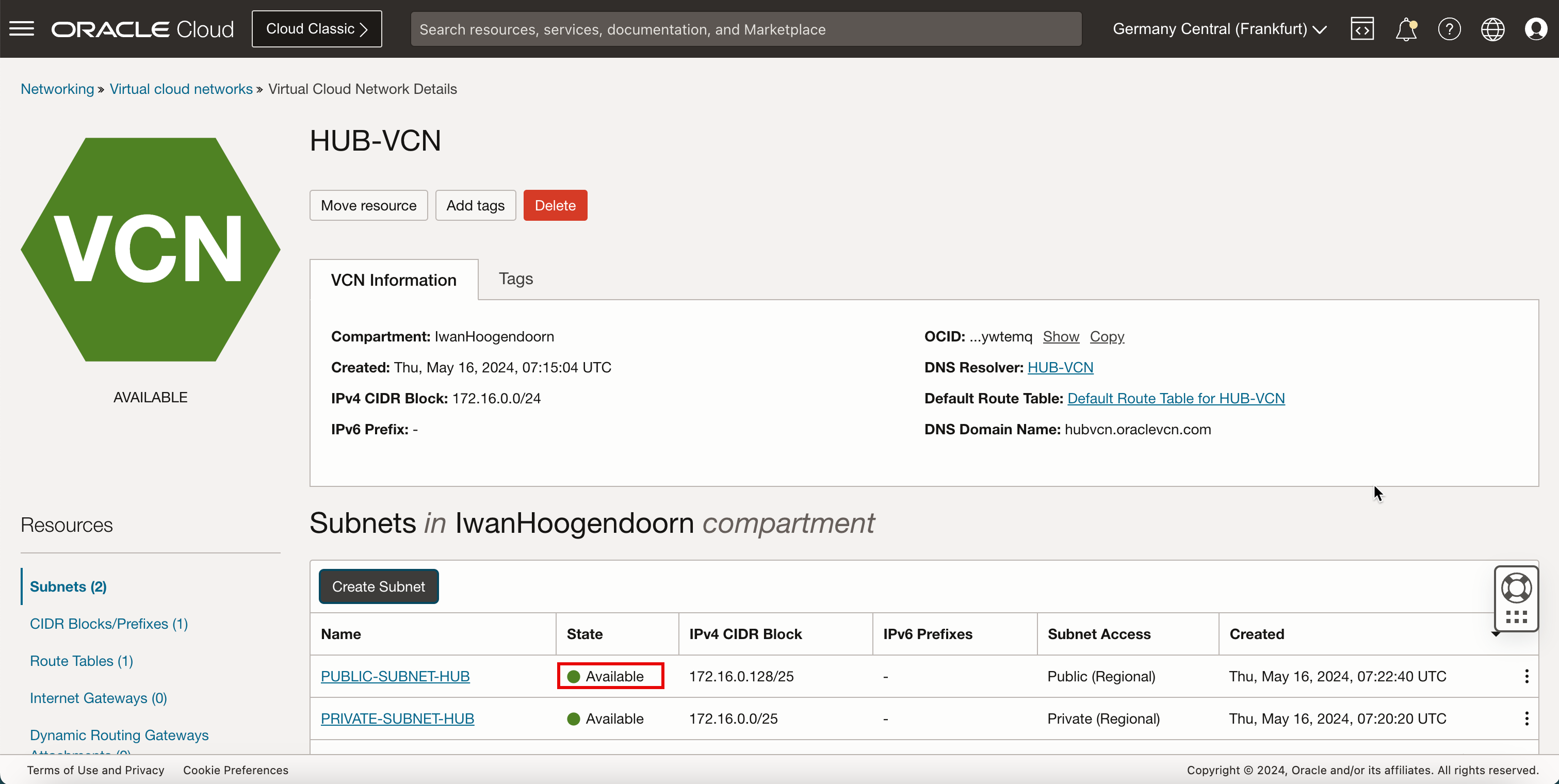

数分後、状態は「使用可能」に変更されます。

-

次の図は、これまでに作成したものを視覚的に示したものです。

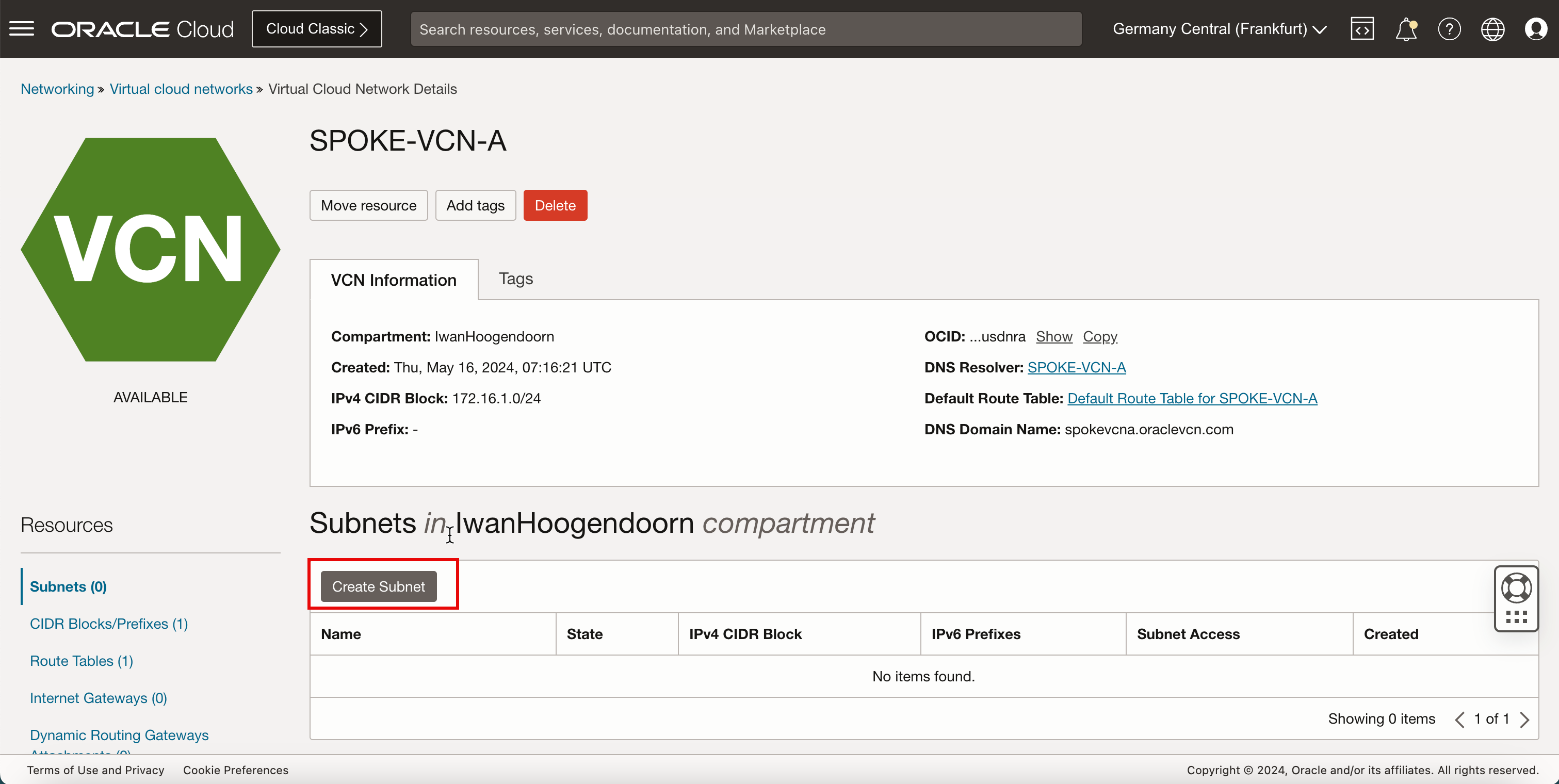

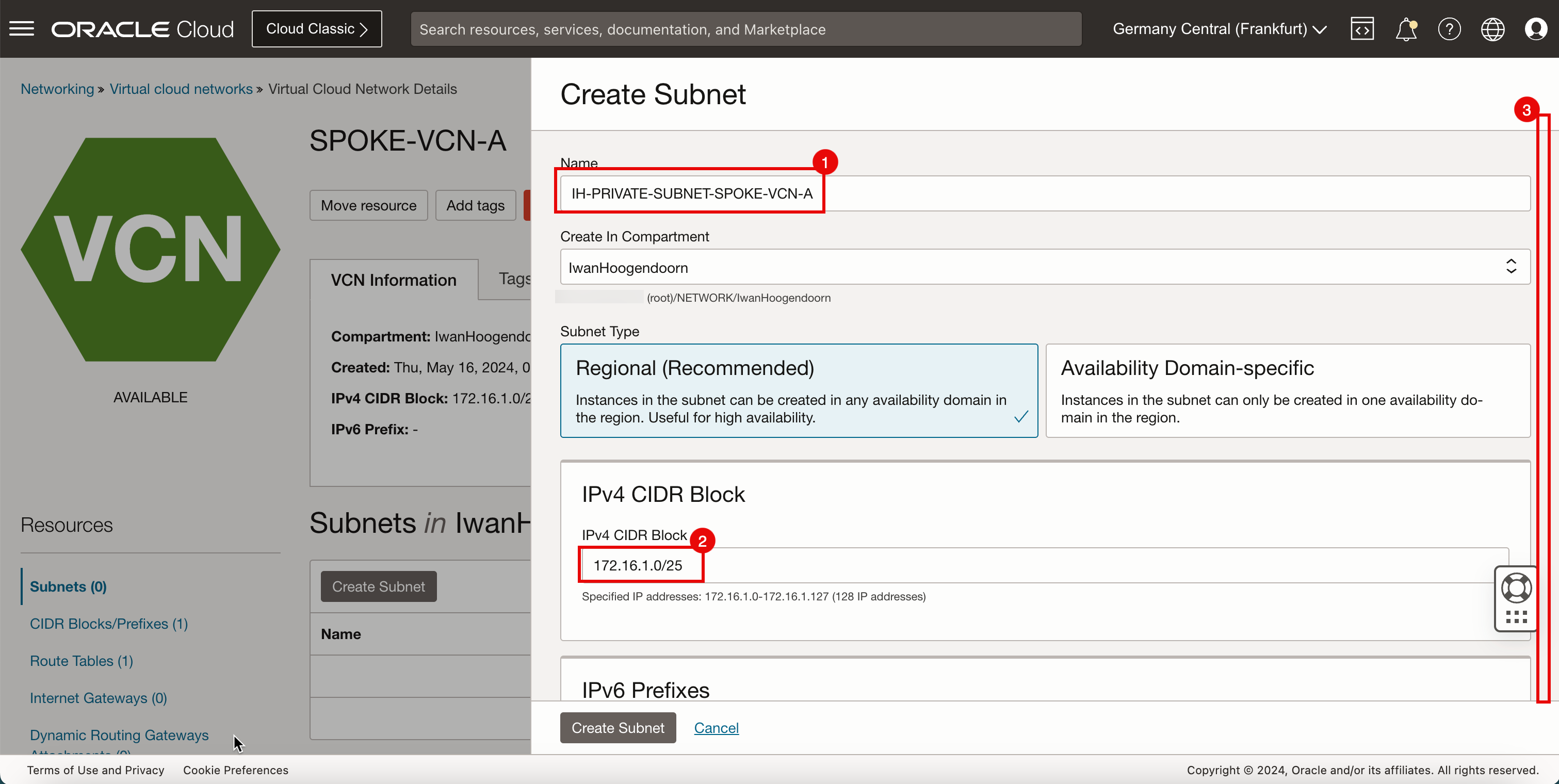

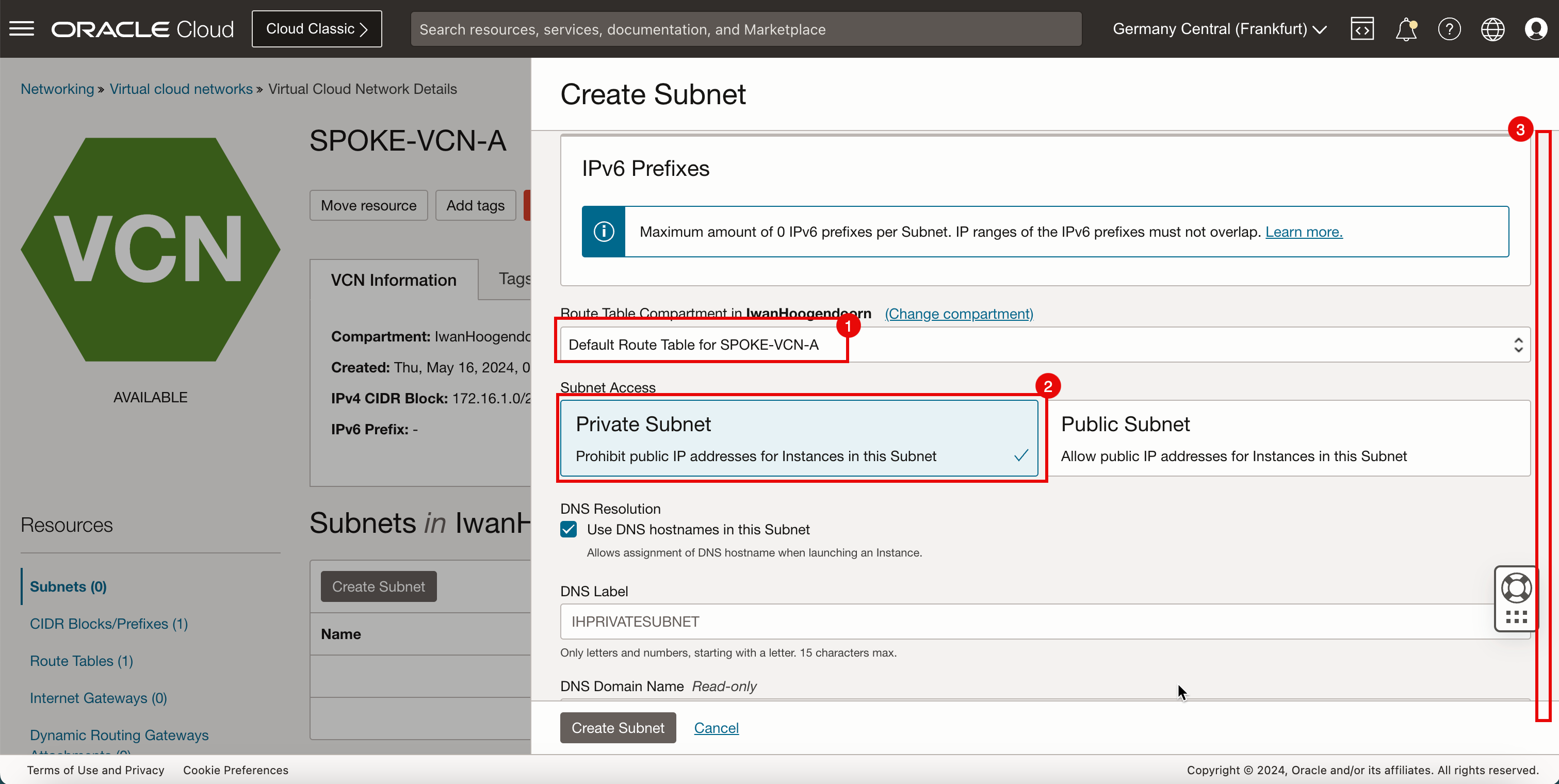

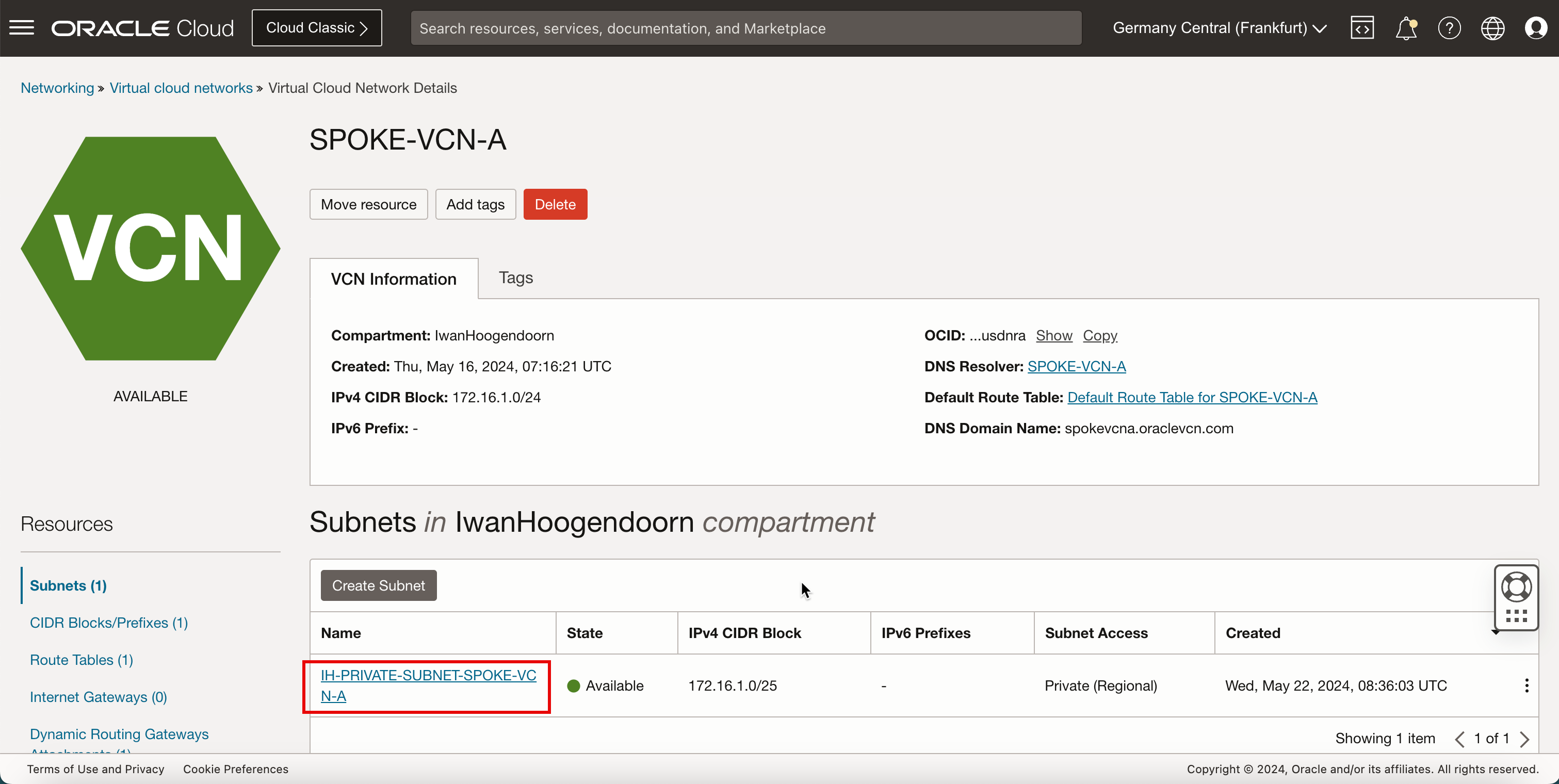

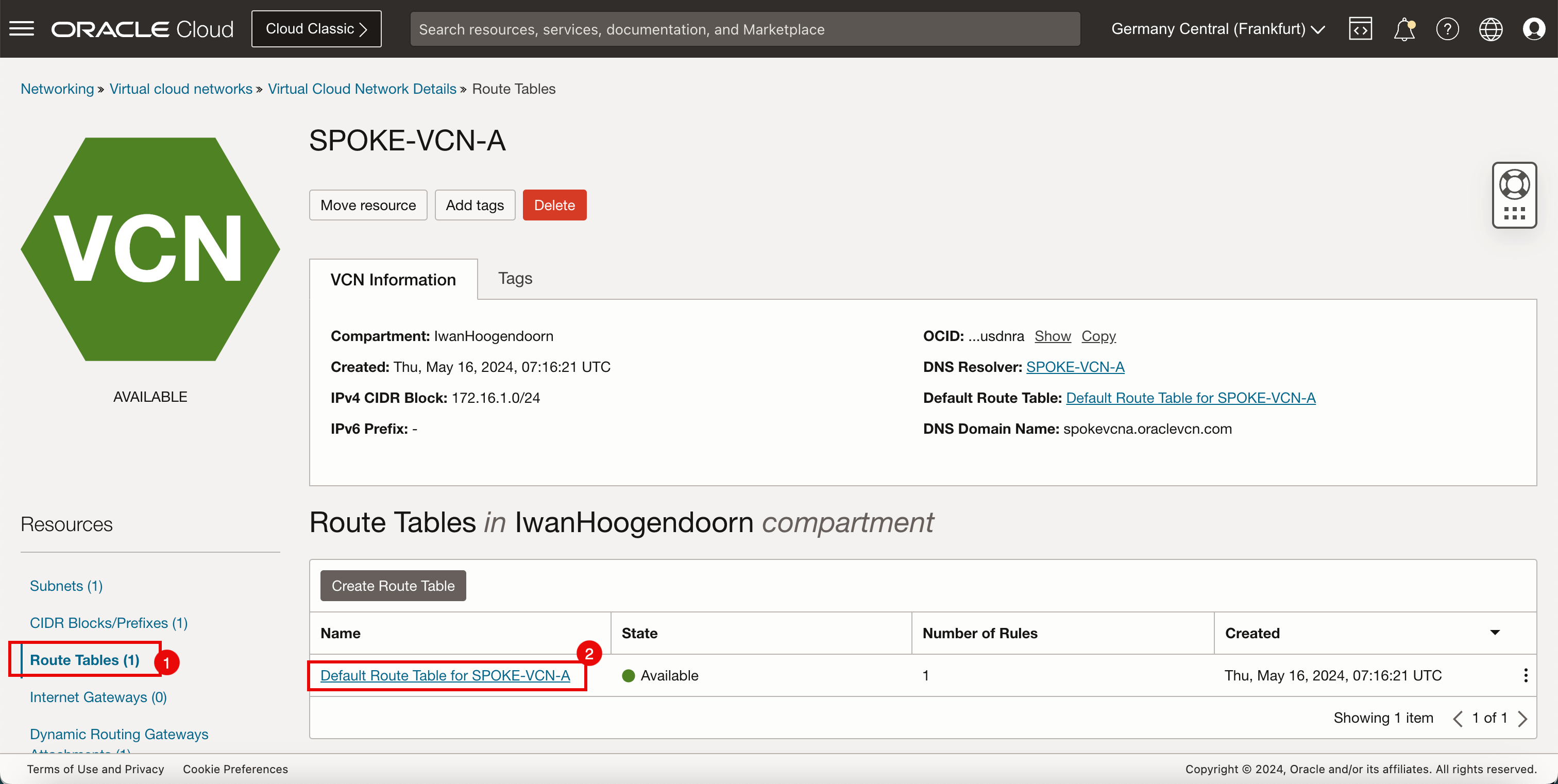

スポークVCN Aでのサブネットの作成

スポークVCN A内に1つのプライベート・サブネットを作成します。

-

スポークVCN Aをクリックします。

-

「サブネットの作成」をクリックして、サブネット(プライベート)を作成します。

- プライベート・サブネットの名前を入力します。

- プライベート・サブネットの「IPv4 CIDRブロック」を入力します。

- 下へスクロール

- 「ルート表」で、デフォルト・ルート表を選択します。

- 「サブネット・アクセス」で、プライベート・サブネットを選択します。

- 下へスクロール

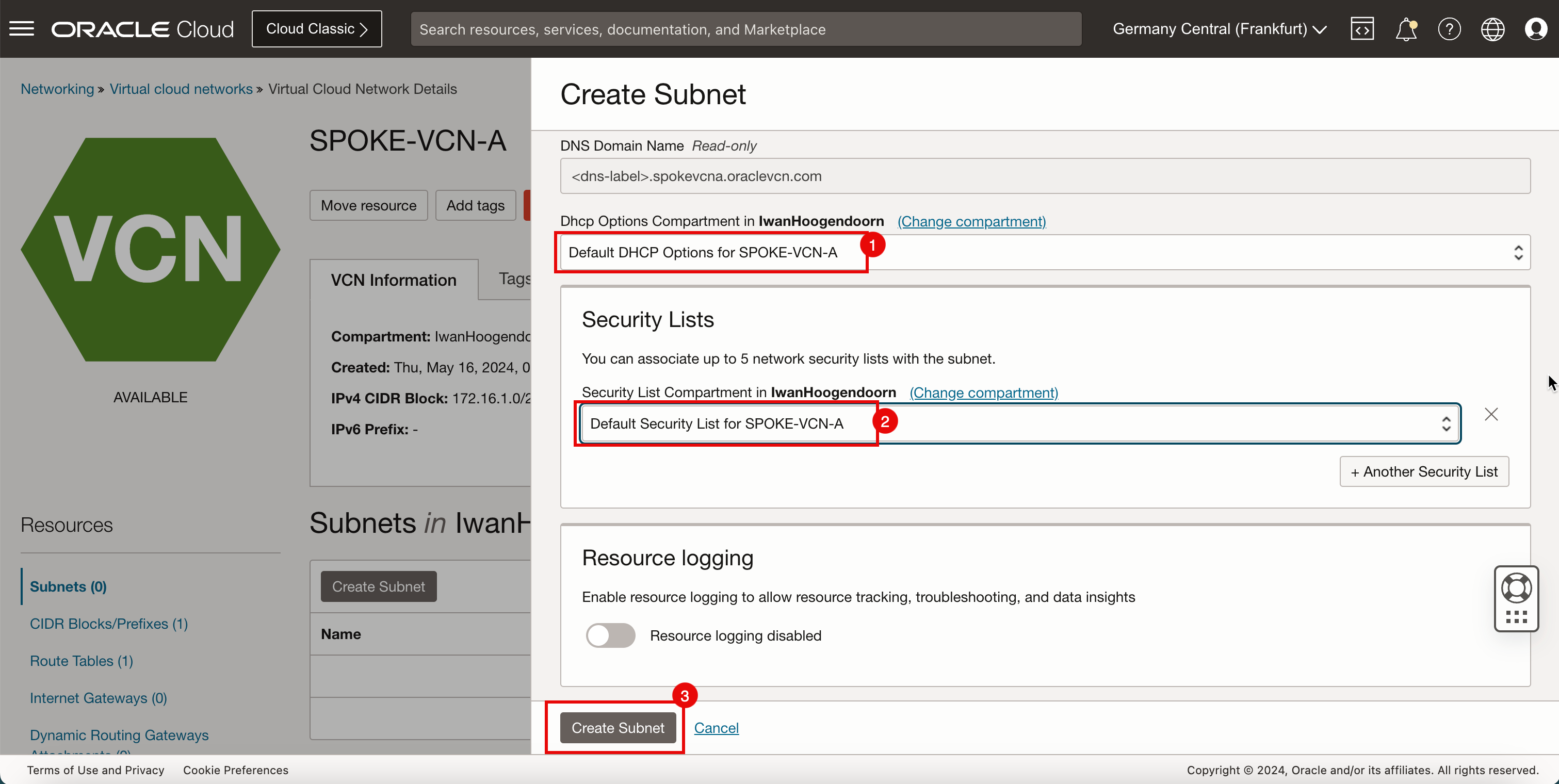

- 「DHCPオプション」で、デフォルトのDHCPオプションを選択します。

- 「セキュリティ・リスト」で、デフォルト・セキュリティ・リストを選択します。

- 「サブネットの作成」をクリックします。

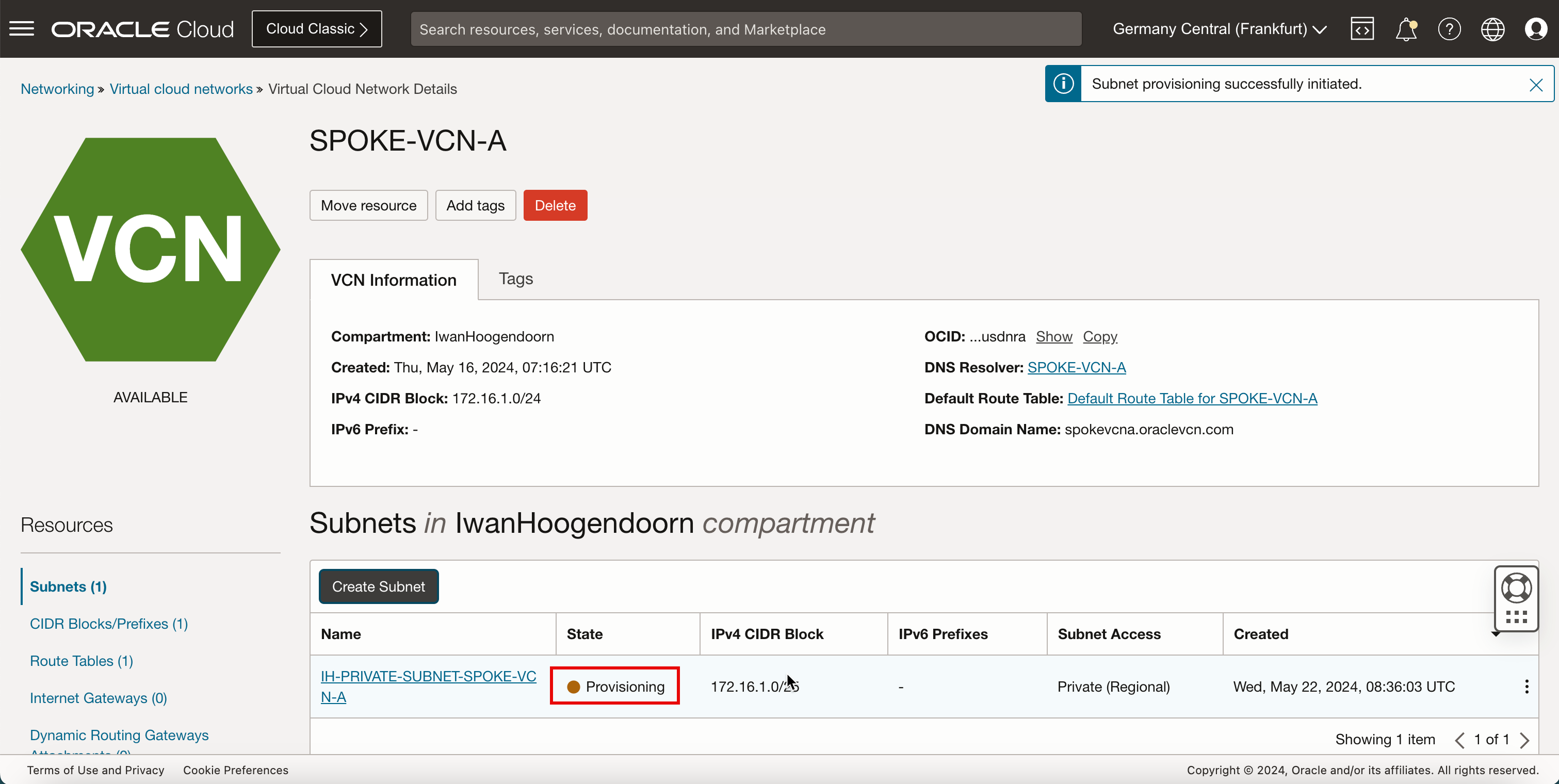

-

状態が「プロビジョニング中」に設定されていることを確認します。

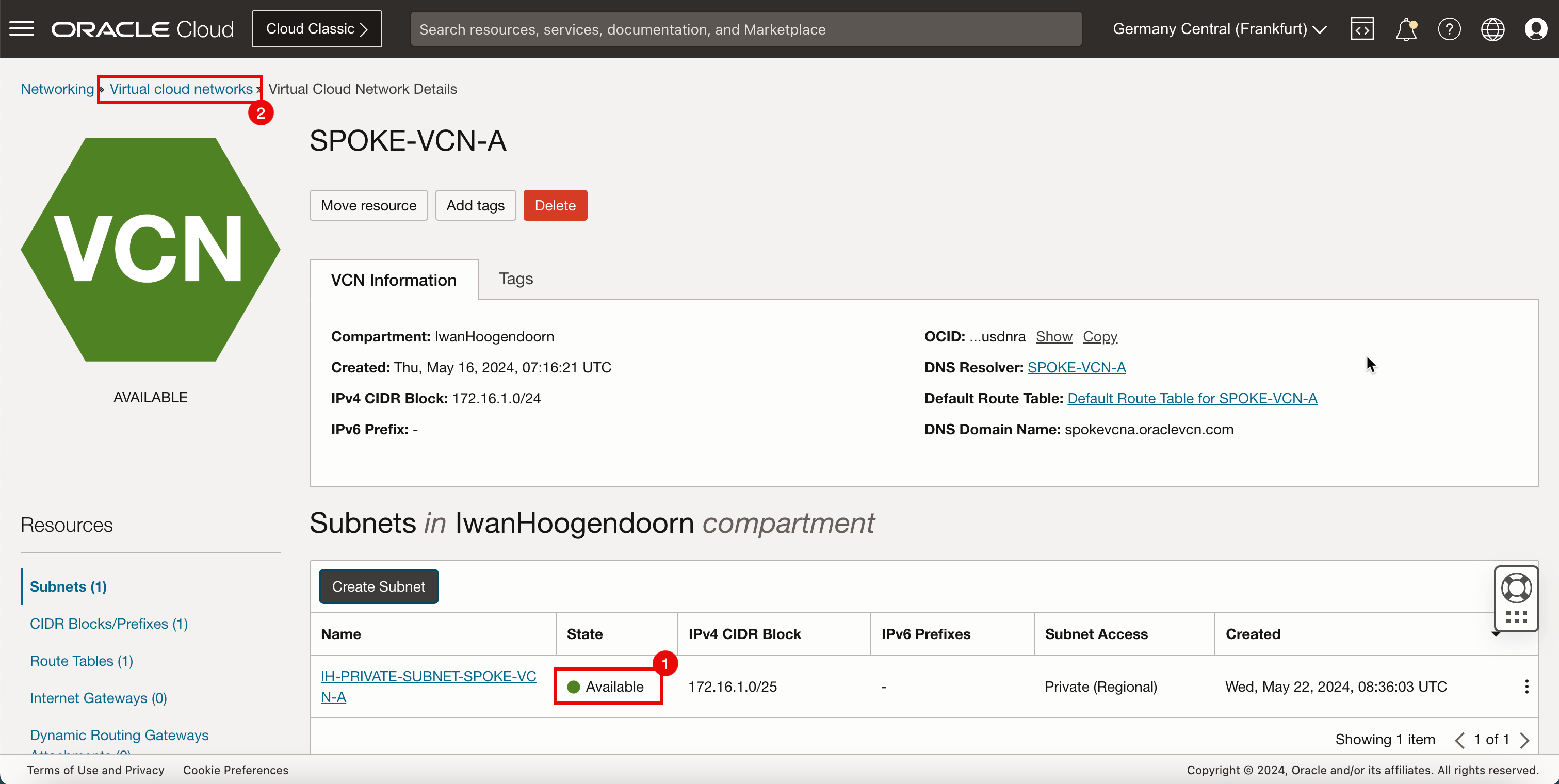

- 状態が「使用可能」に変更されていることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

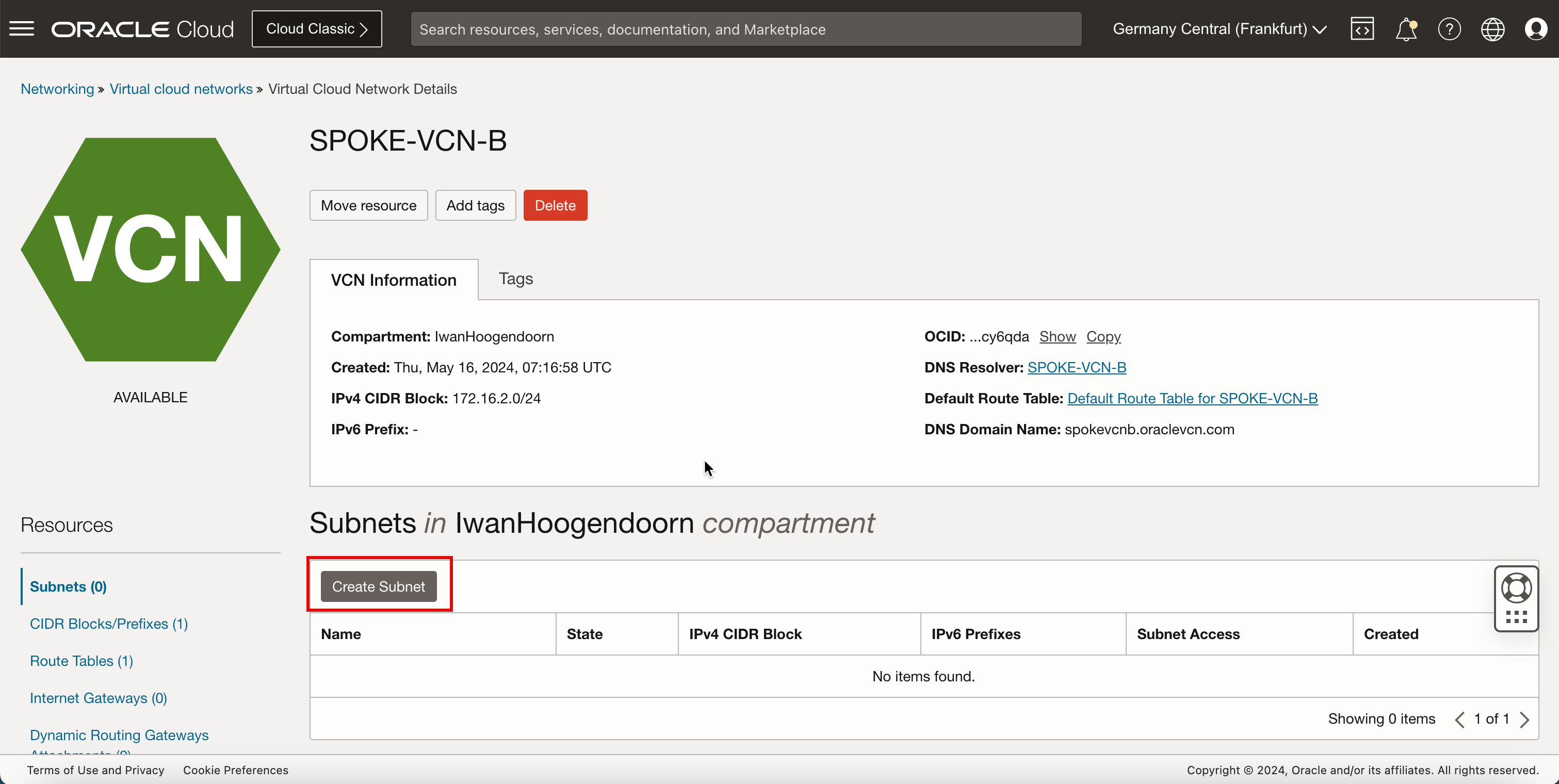

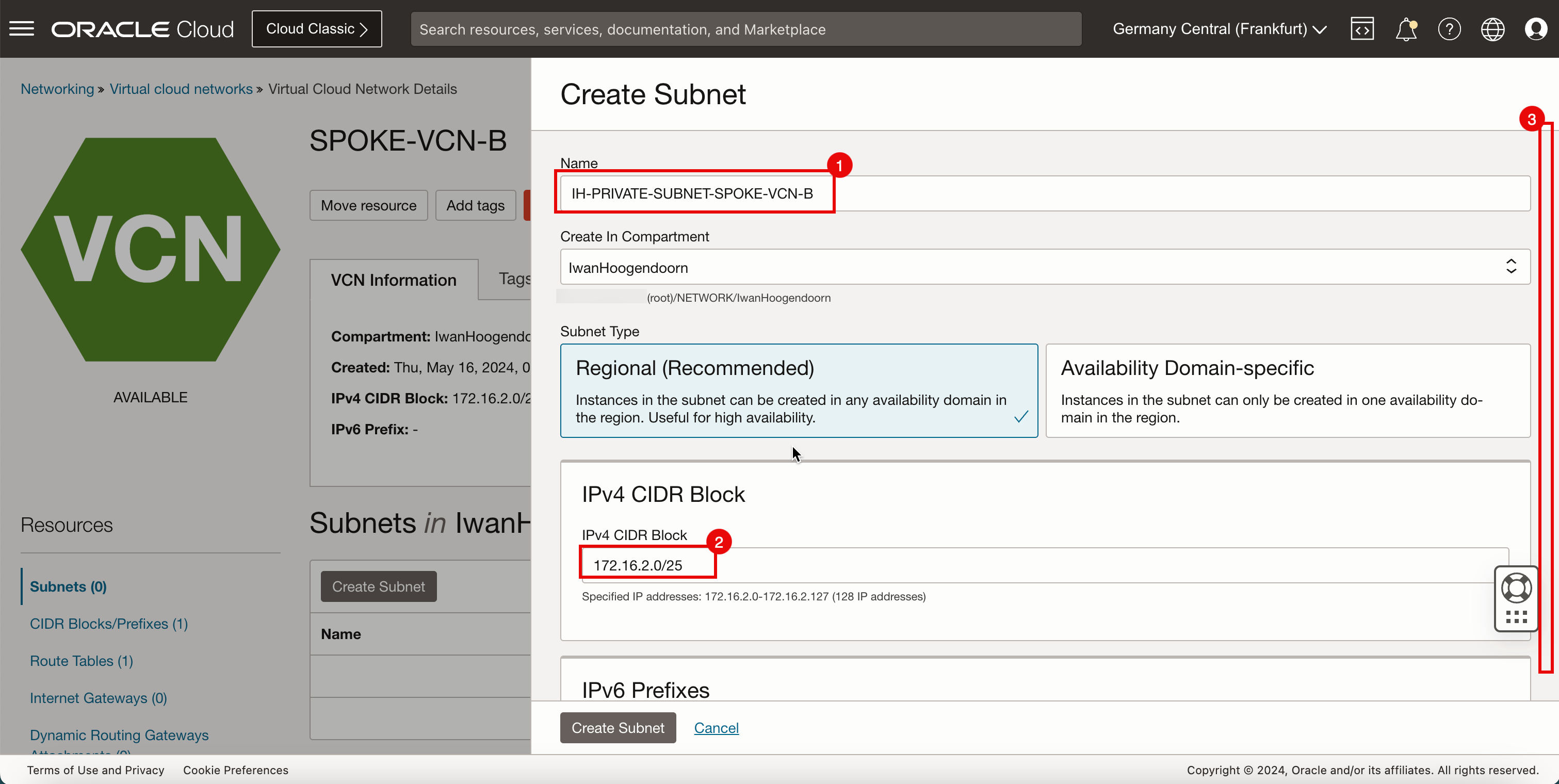

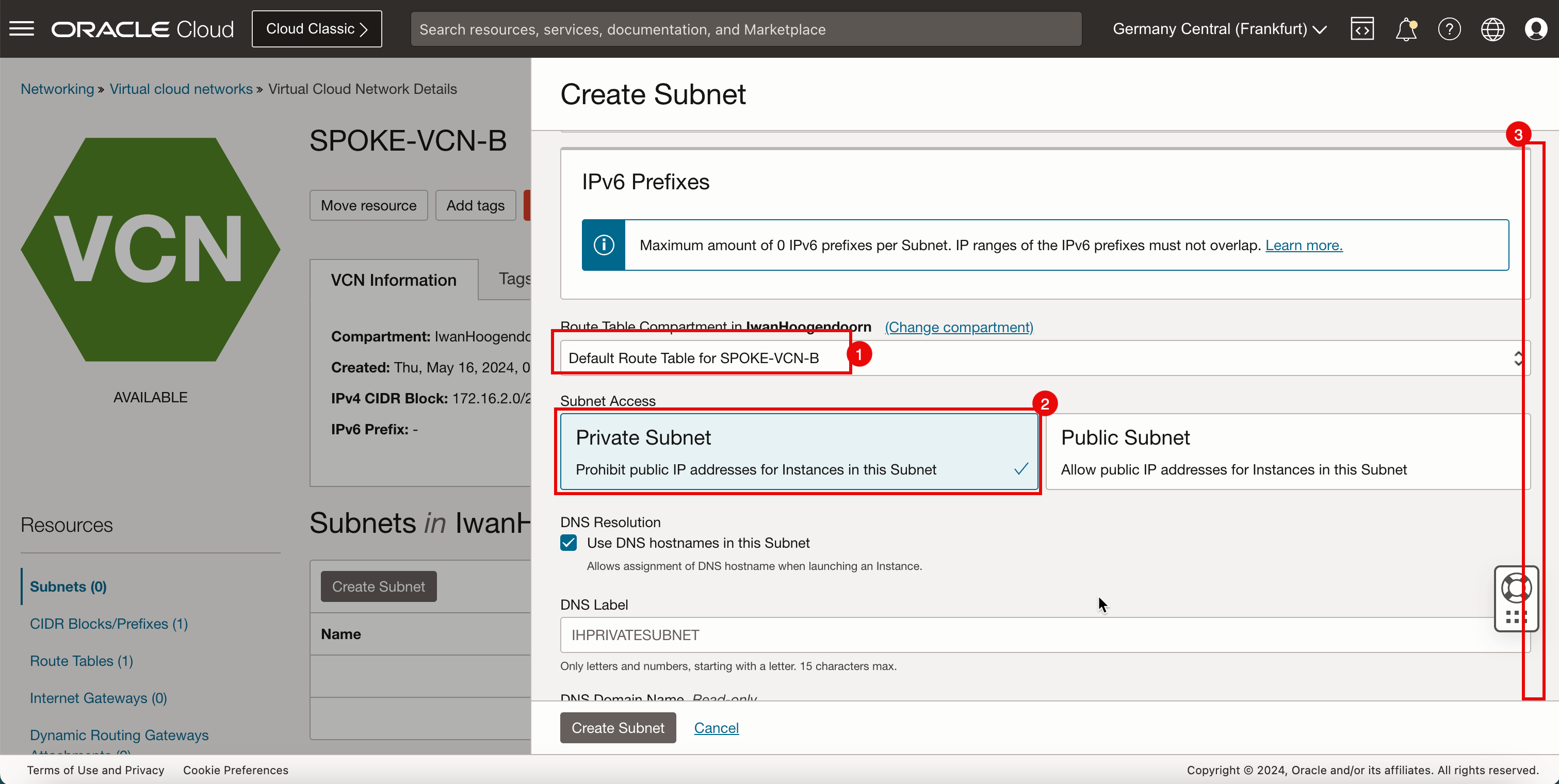

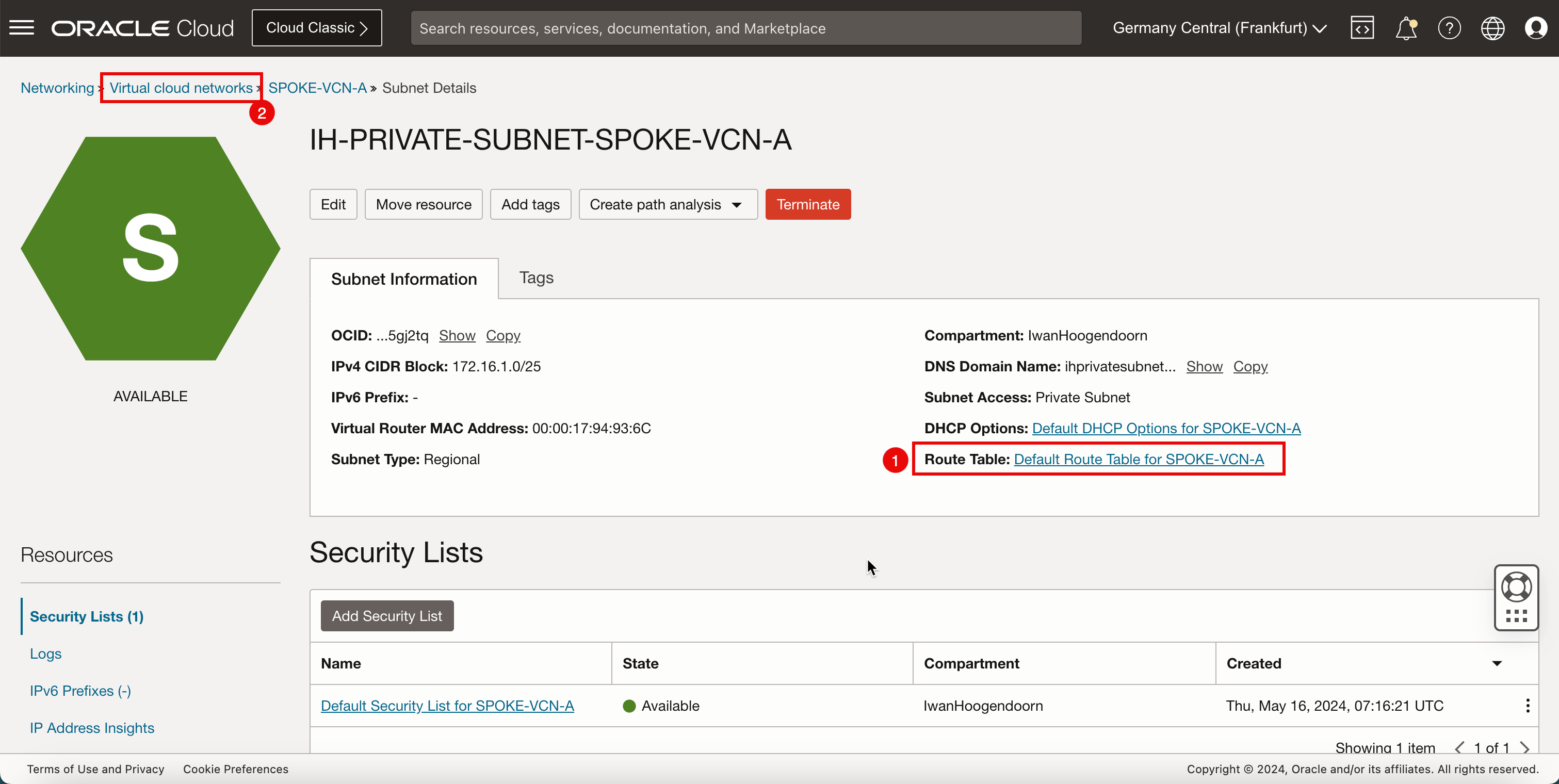

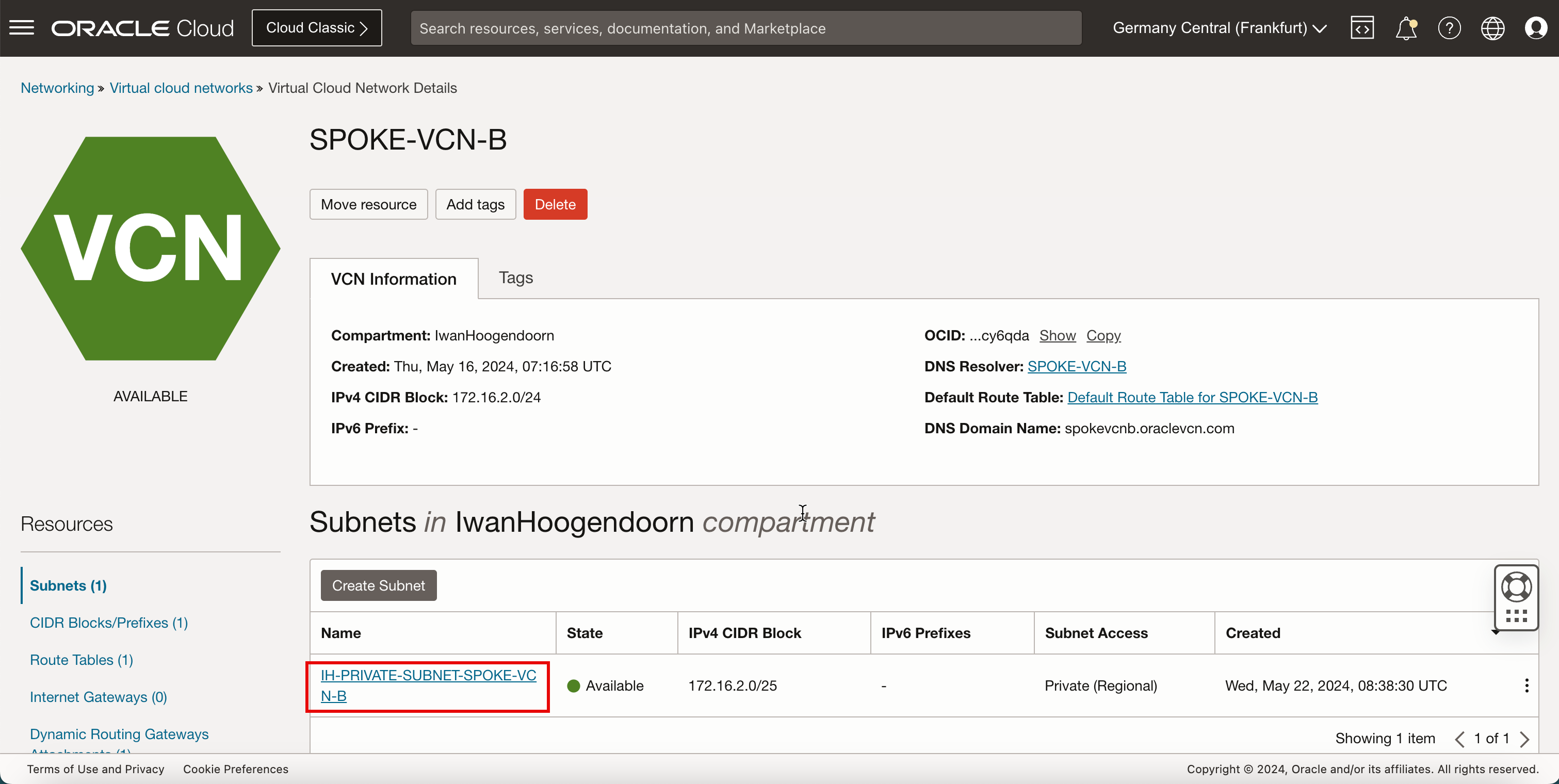

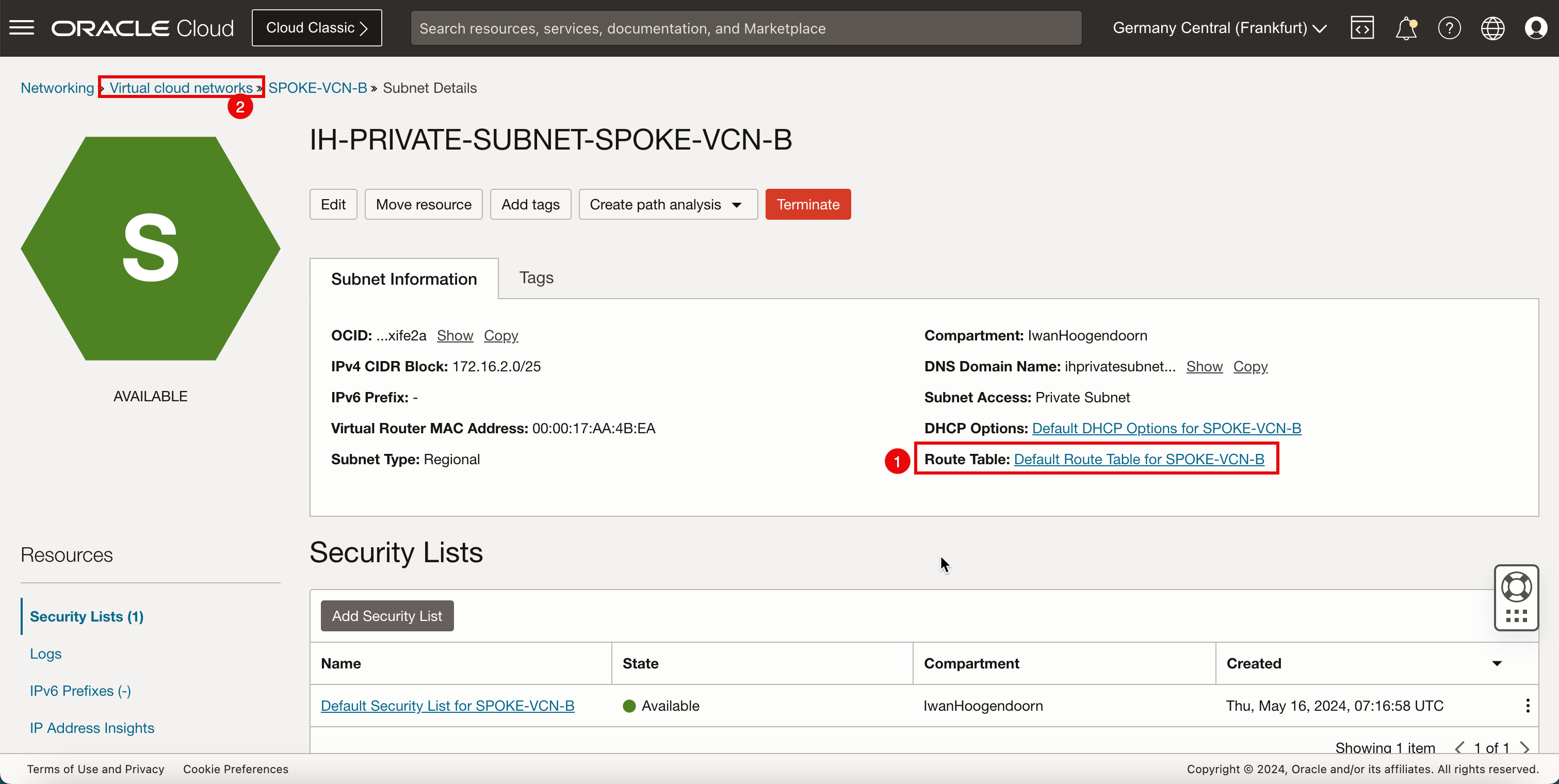

スポークVCN Bでのサブネットの作成

スポークVCN B内に1つのプライベート・サブネットを作成します。

-

スポークVCN Bをクリックします。

-

「サブネットの作成」をクリックして、サブネット(プライベート)を作成します。

- プライベート・サブネットの名前を入力します。

- プライベート・サブネットの「IPv4 CIDRブロック」を入力します。

- 下へスクロール

- 「ルート表」で、デフォルト・ルート表を選択します。

- 「サブネット・アクセス」で、プライベート・サブネットを選択します。

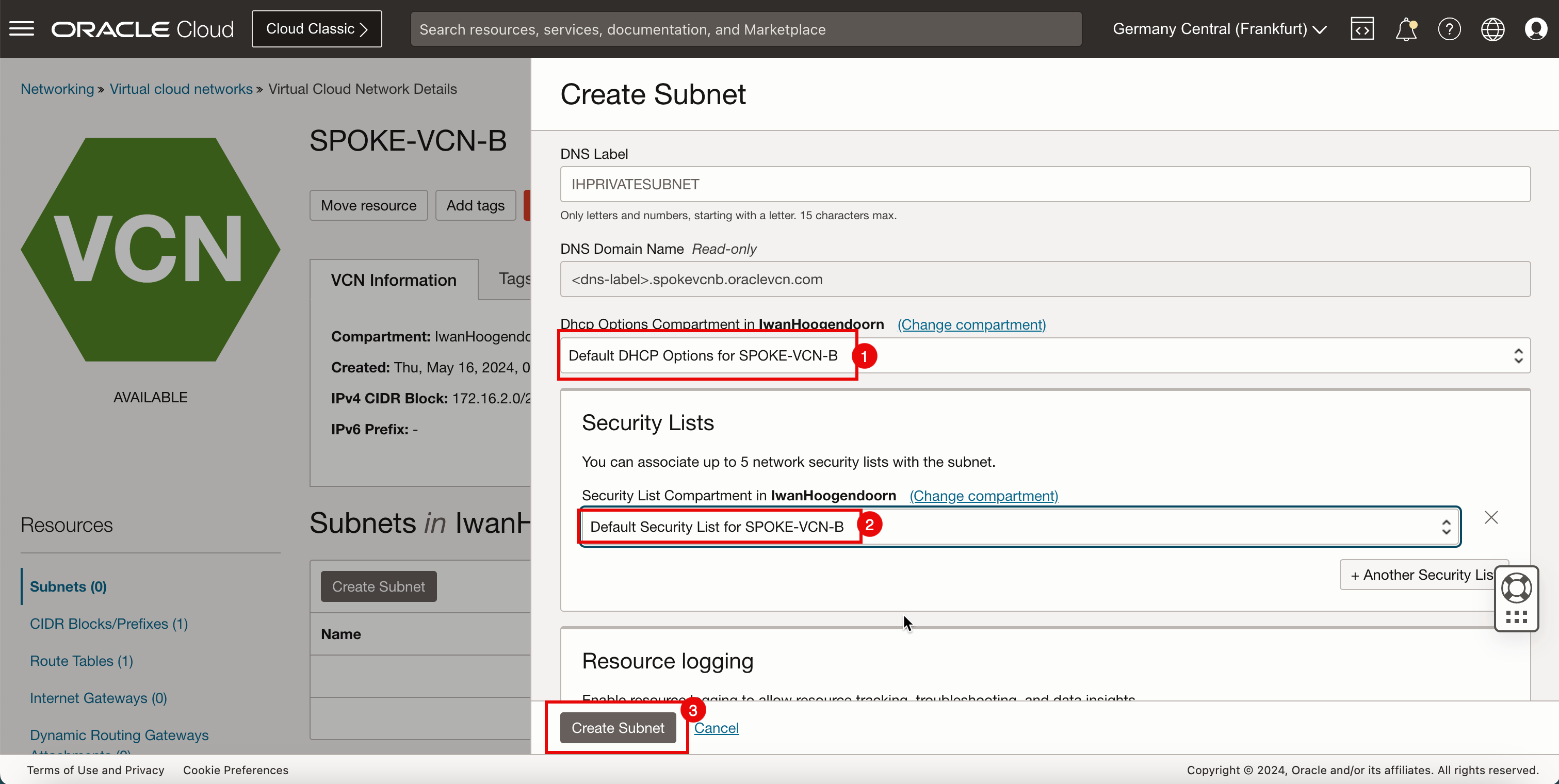

- 下へスクロール

- 「DHCPオプション」で、デフォルトのDHCPオプションを選択します。

- 「セキュリティ・リスト」で、デフォルト・セキュリティ・リストを選択します。

- 「サブネットの作成」をクリックします。

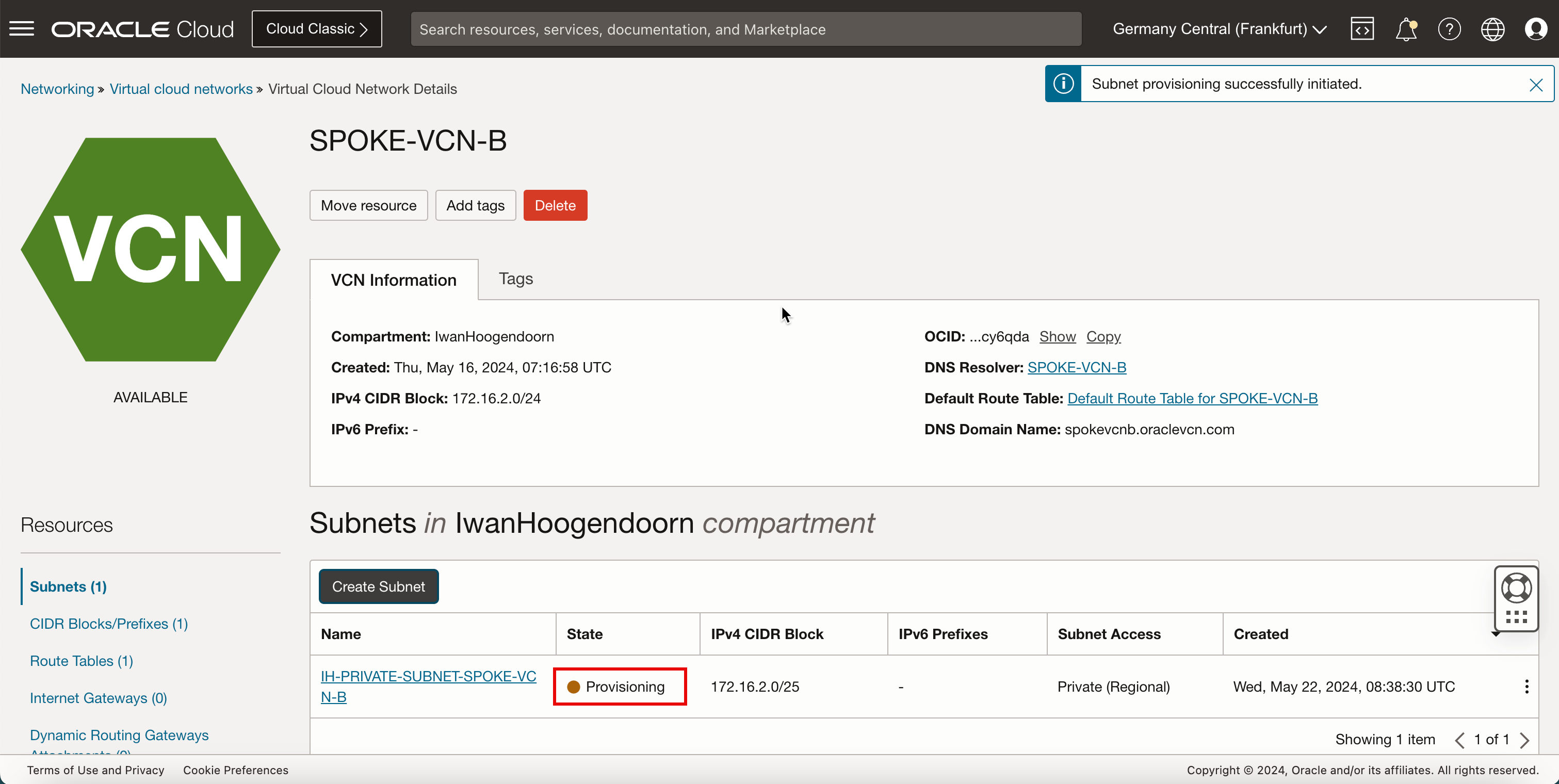

-

状態が「プロビジョニング中」に設定されていることを確認します。

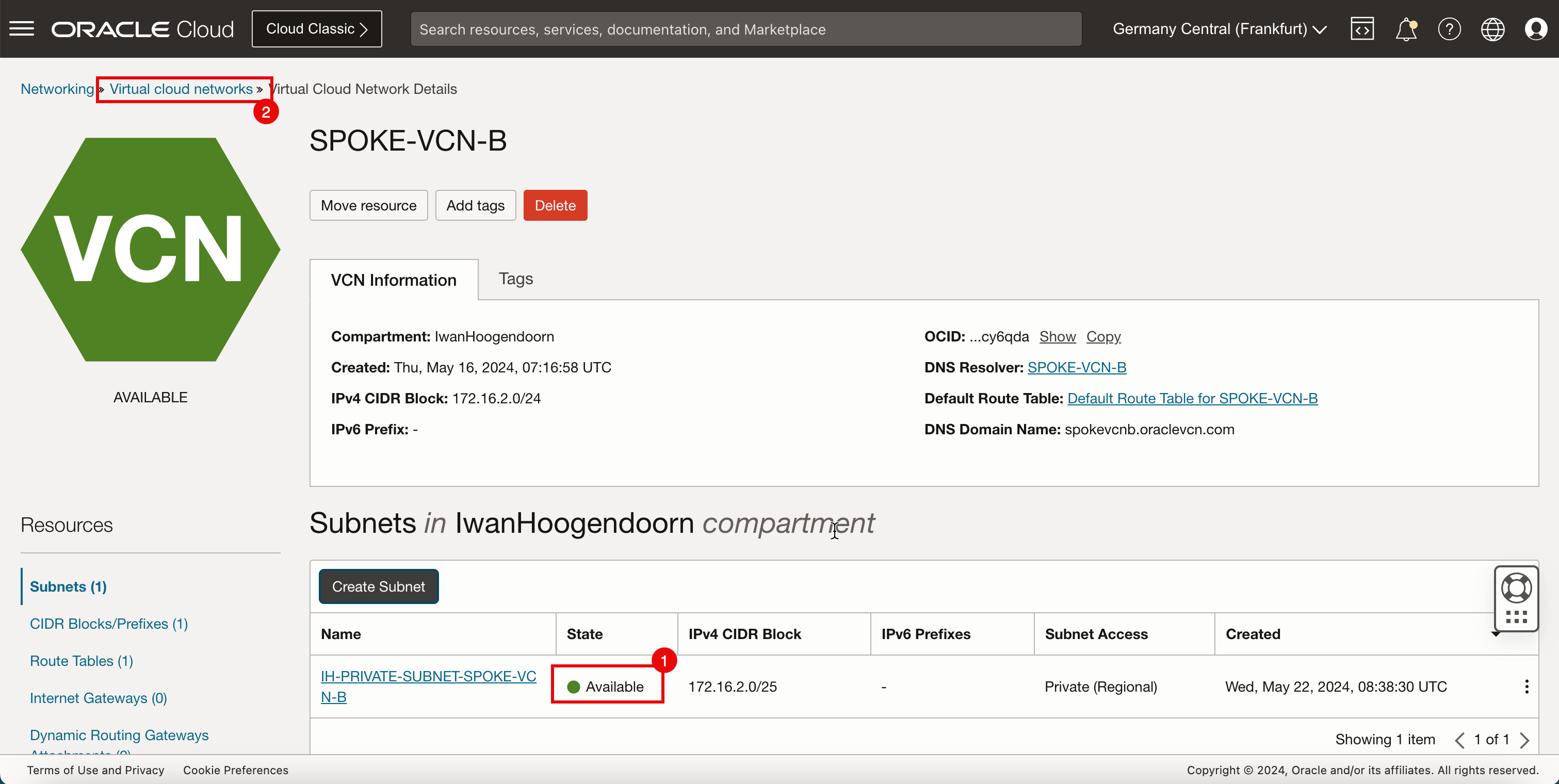

- 状態が「使用可能」に変更されていることを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

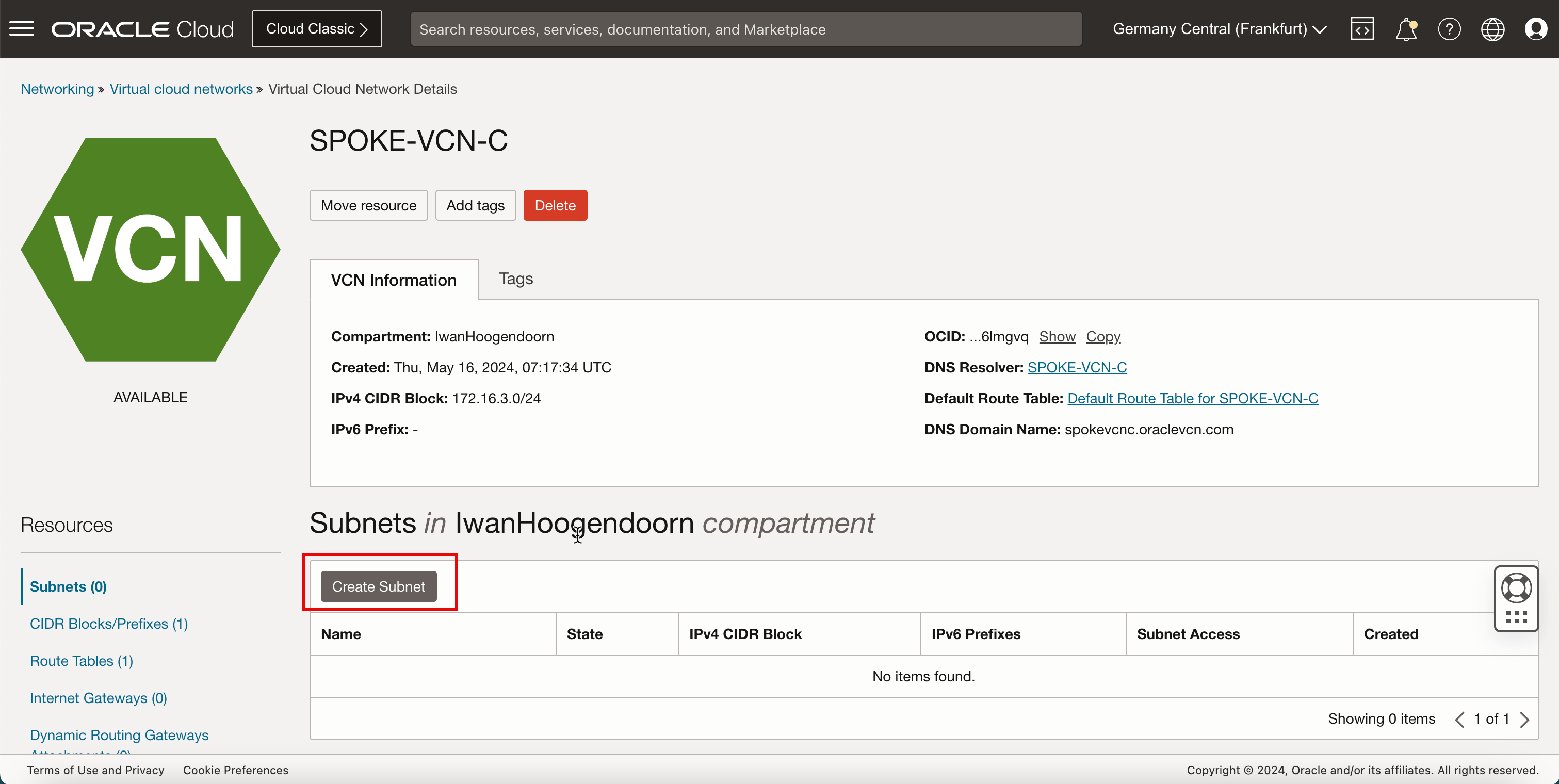

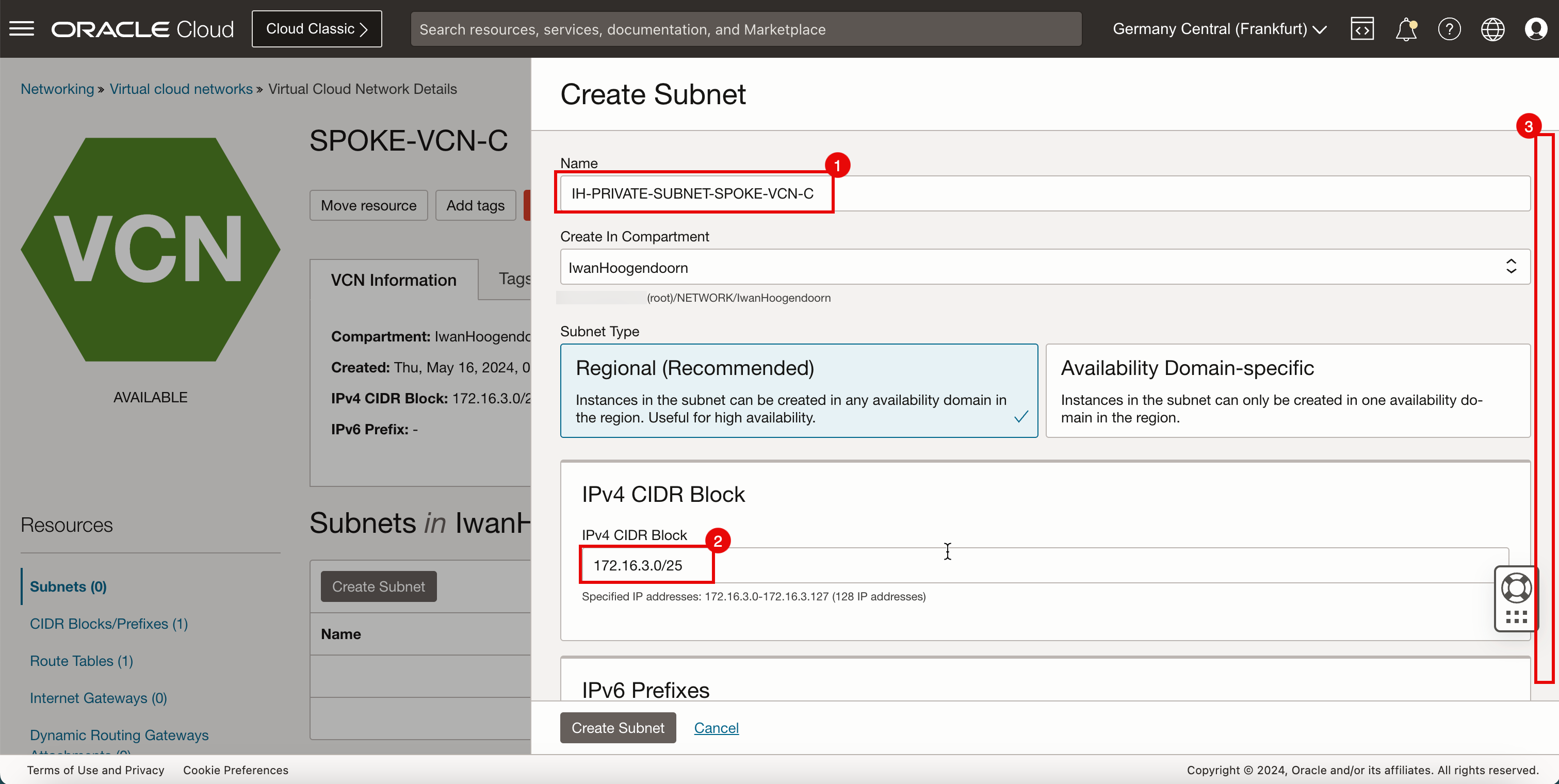

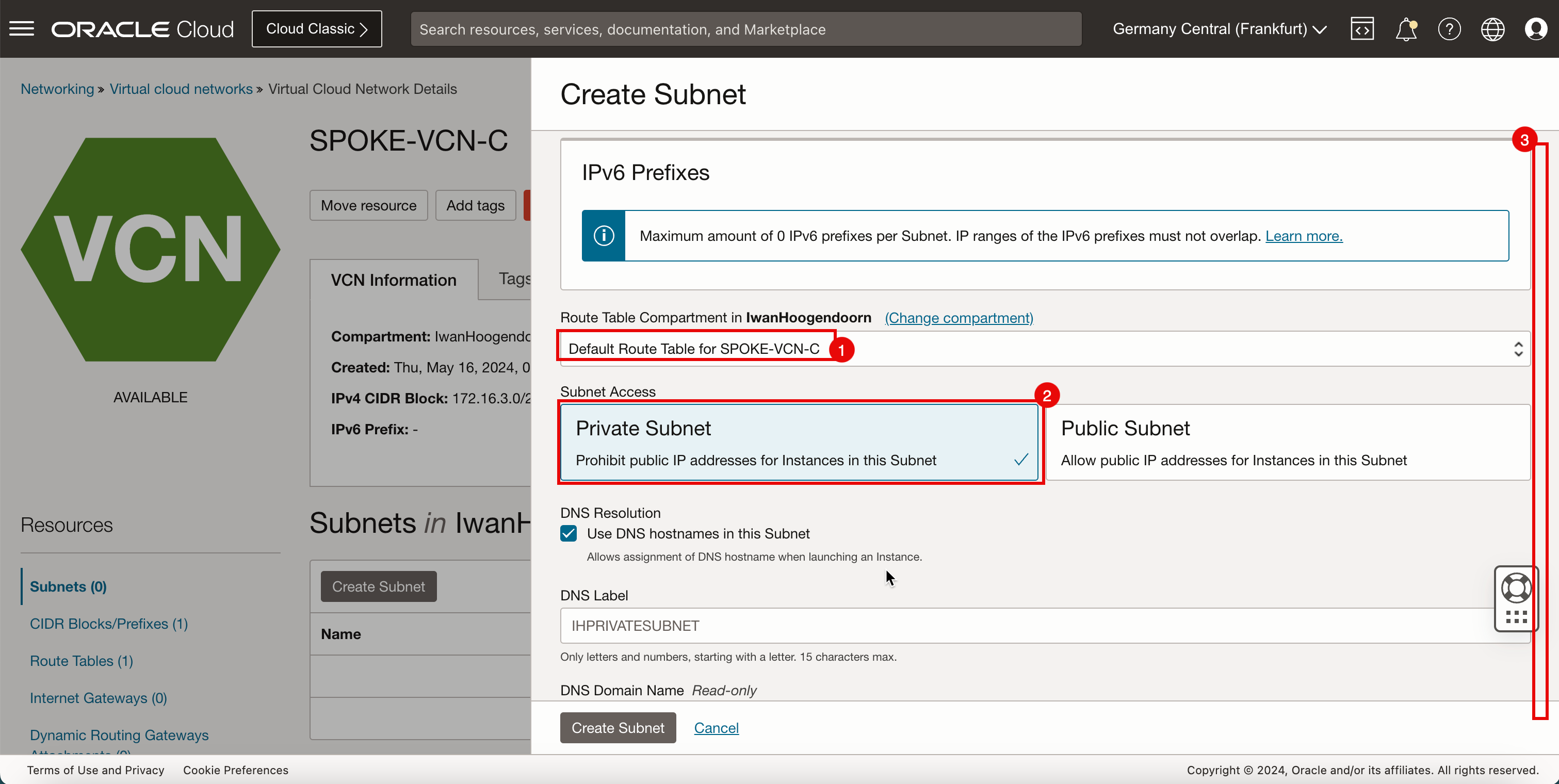

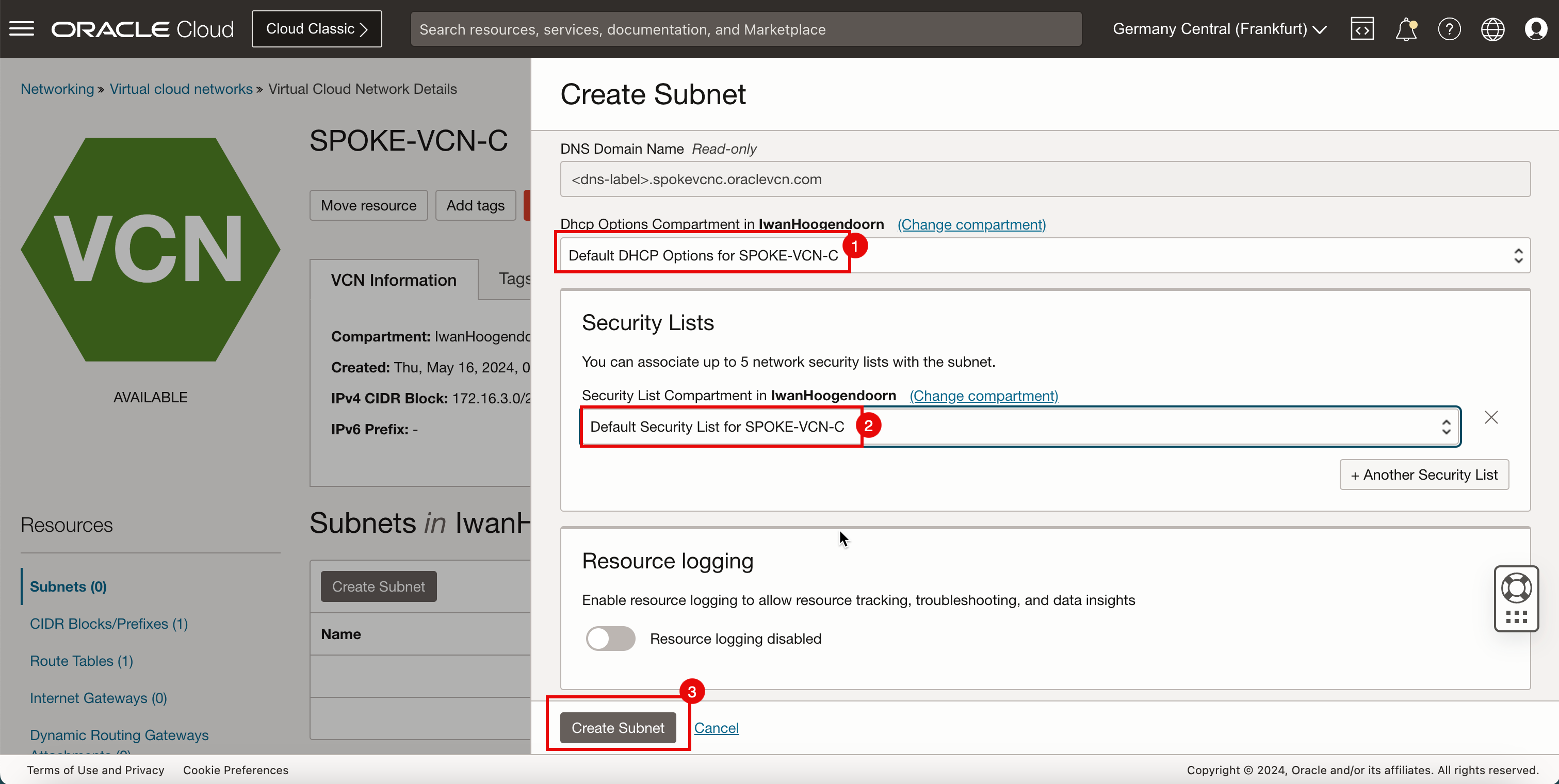

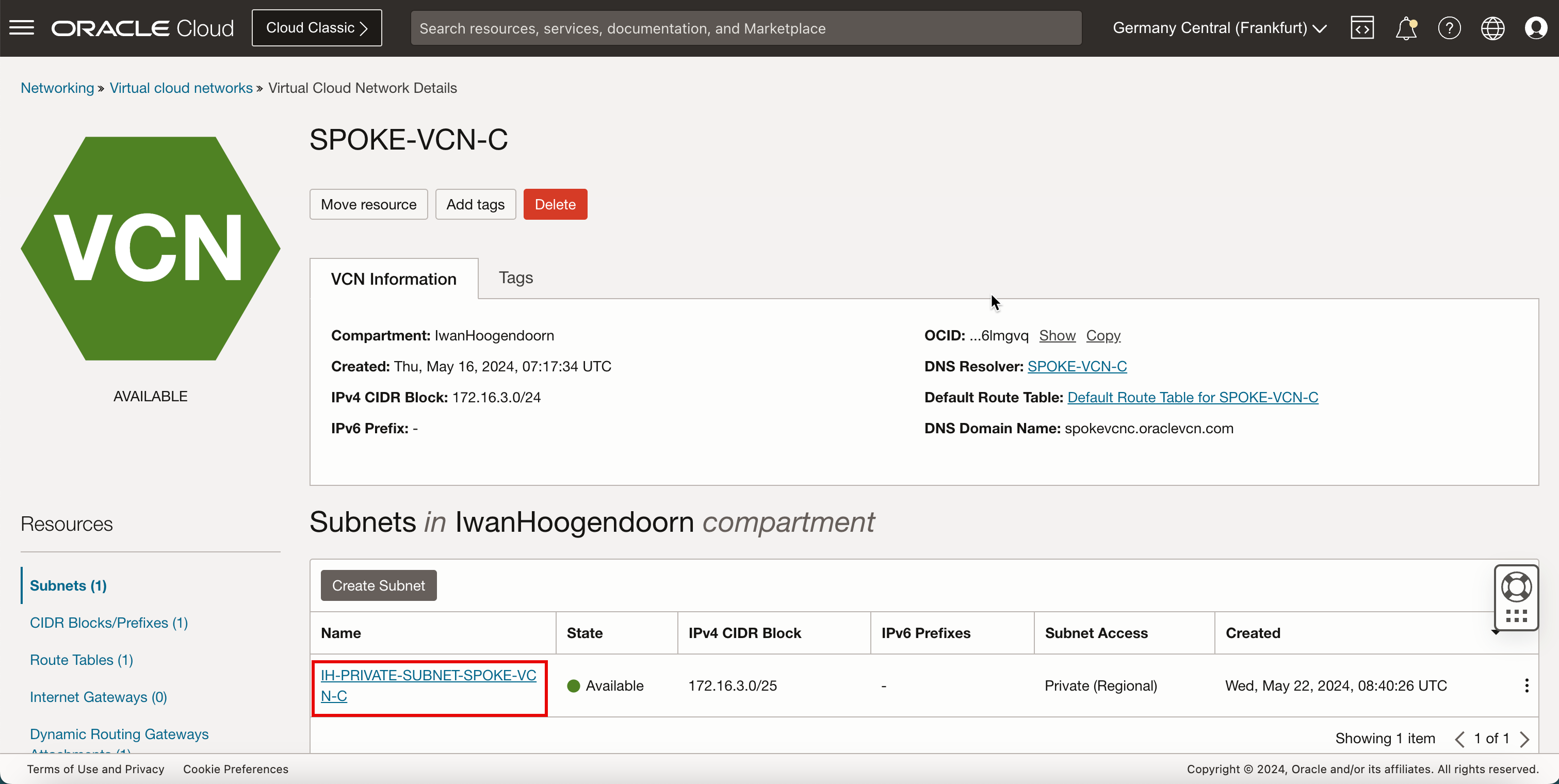

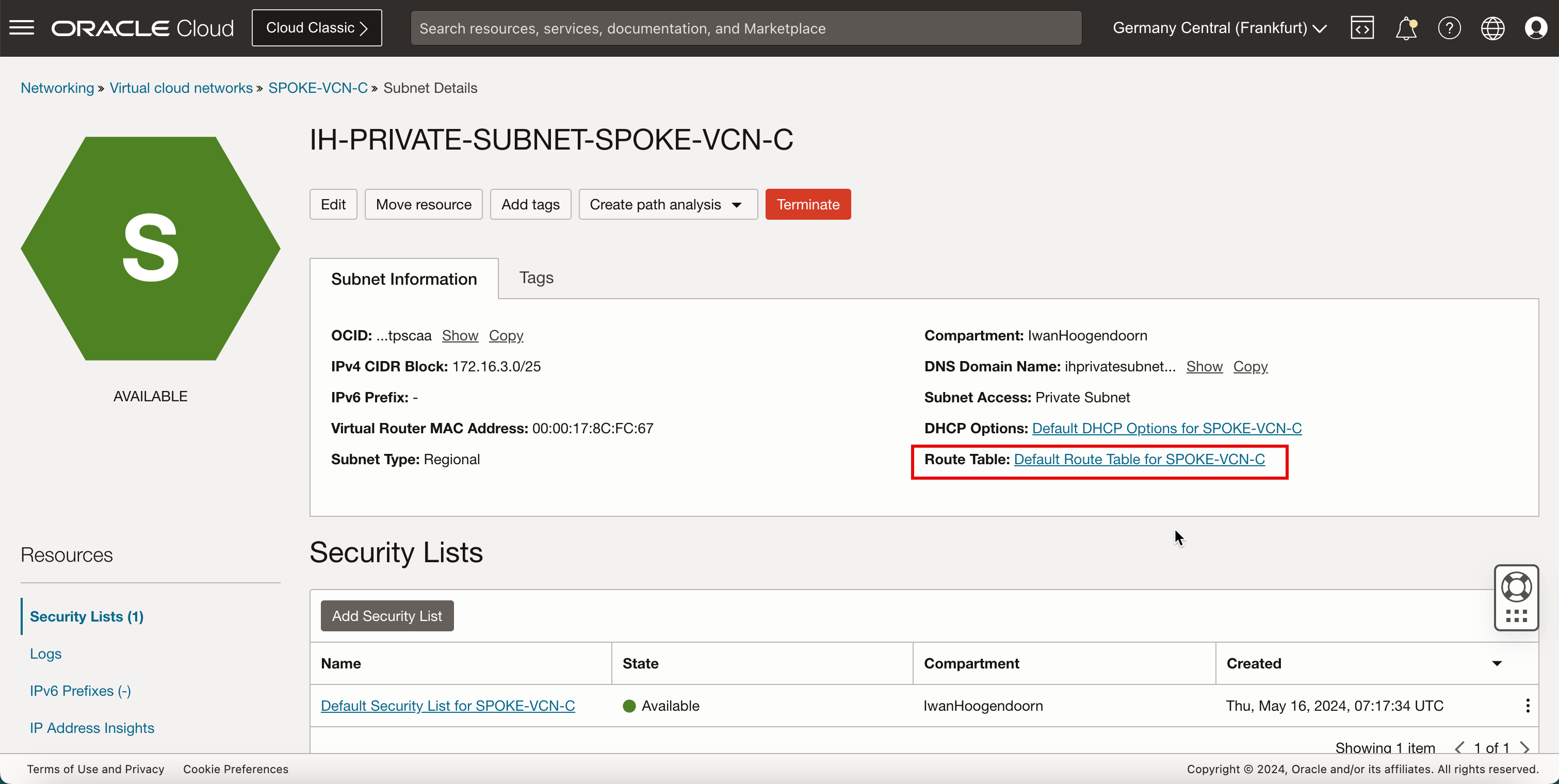

ハブVCN C内にサブネットを作成

スポークVCN C内に1つのプライベート・サブネットを作成します。

-

スポークVCN Cをクリックします。

-

「サブネットの作成」をクリックして、サブネット(プライベート)を作成します。

- プライベート・サブネットの名前を入力します。

- プライベート・サブネットの「IPv4 CIDRブロック」を入力します。

- 下へスクロール

- 「ルート表」で、デフォルト・ルート表を選択します。

- 「サブネット・アクセス」で、プライベート・サブネットを選択します。

- 下へスクロール

- 「DHCPオプション」で、デフォルトのDHCPオプションを選択します。

- 「セキュリティ・リスト」で、デフォルト・セキュリティ・リストを選択します。

- 「サブネットの作成」をクリックします。

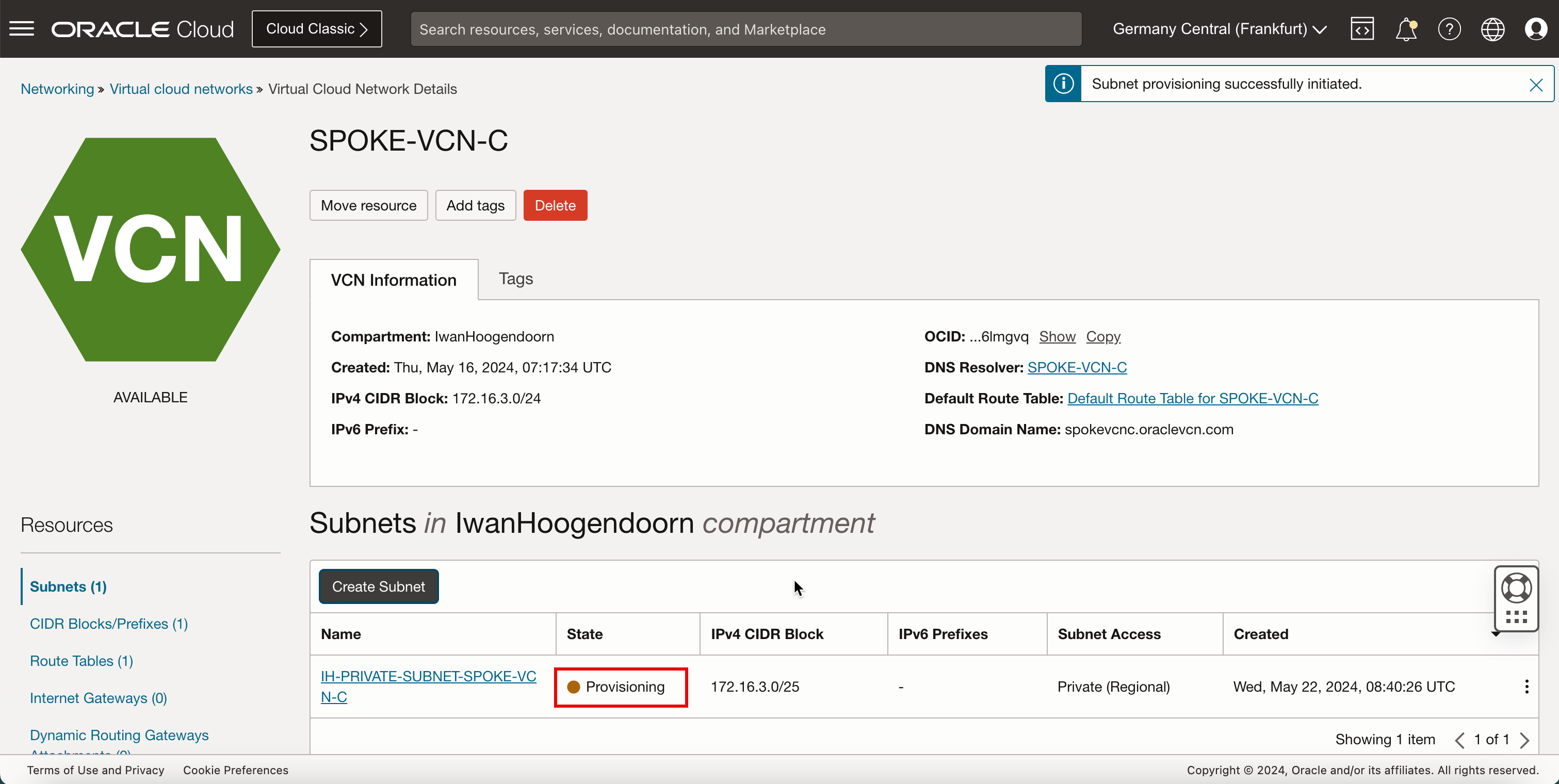

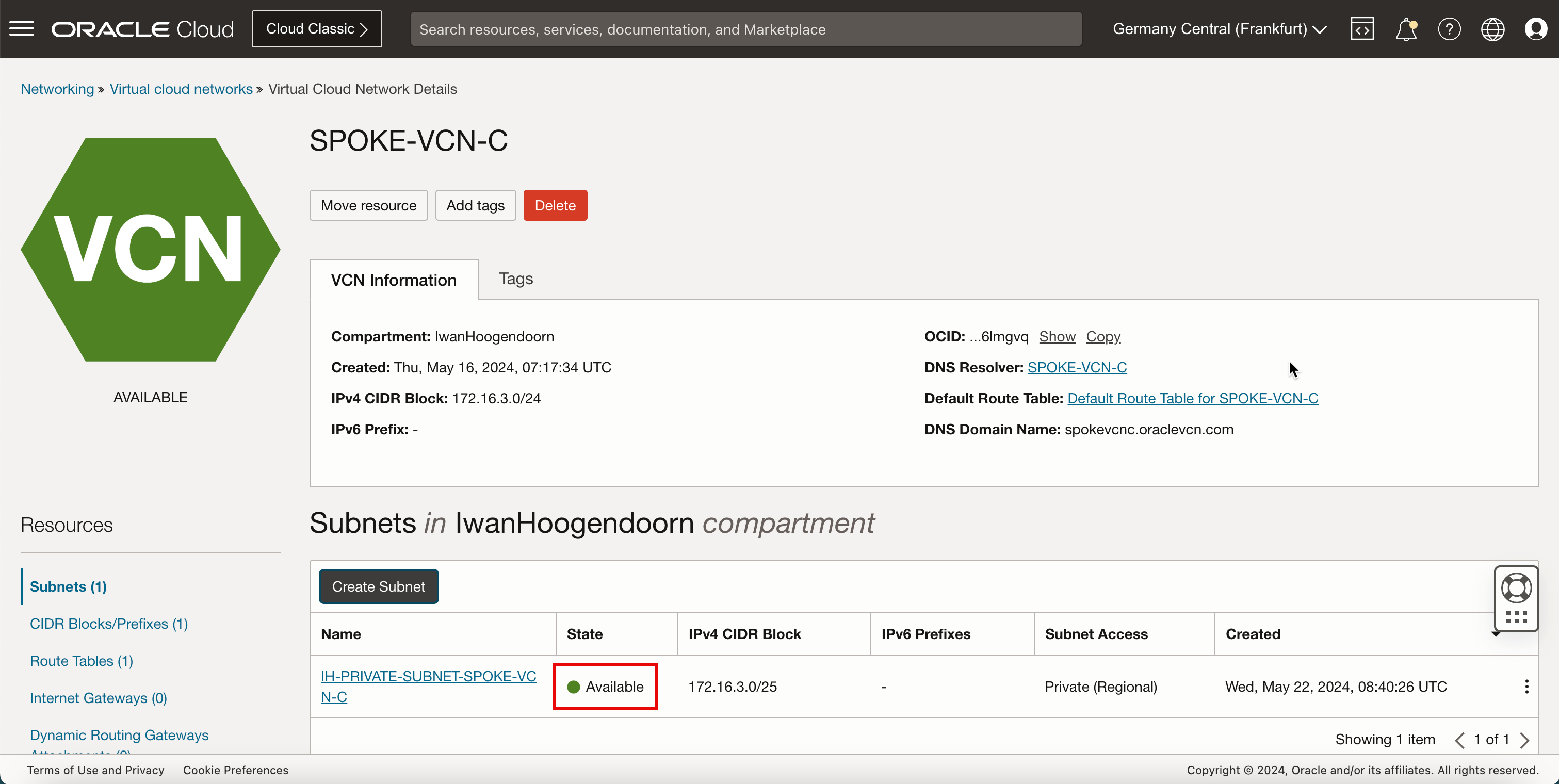

-

状態が「プロビジョニング中」に設定されていることを確認します。

-

状態が「使用可能」に変更されていることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

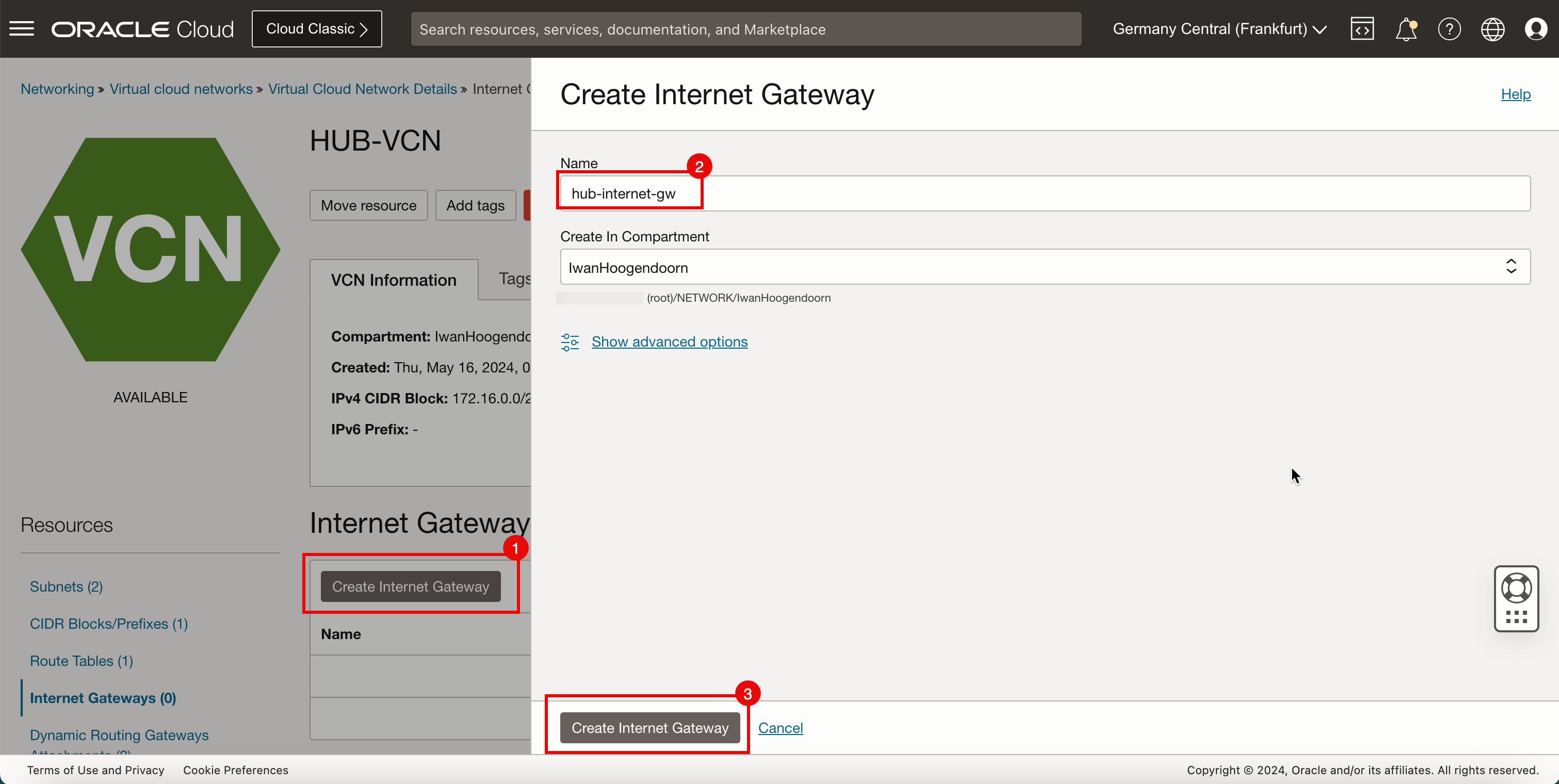

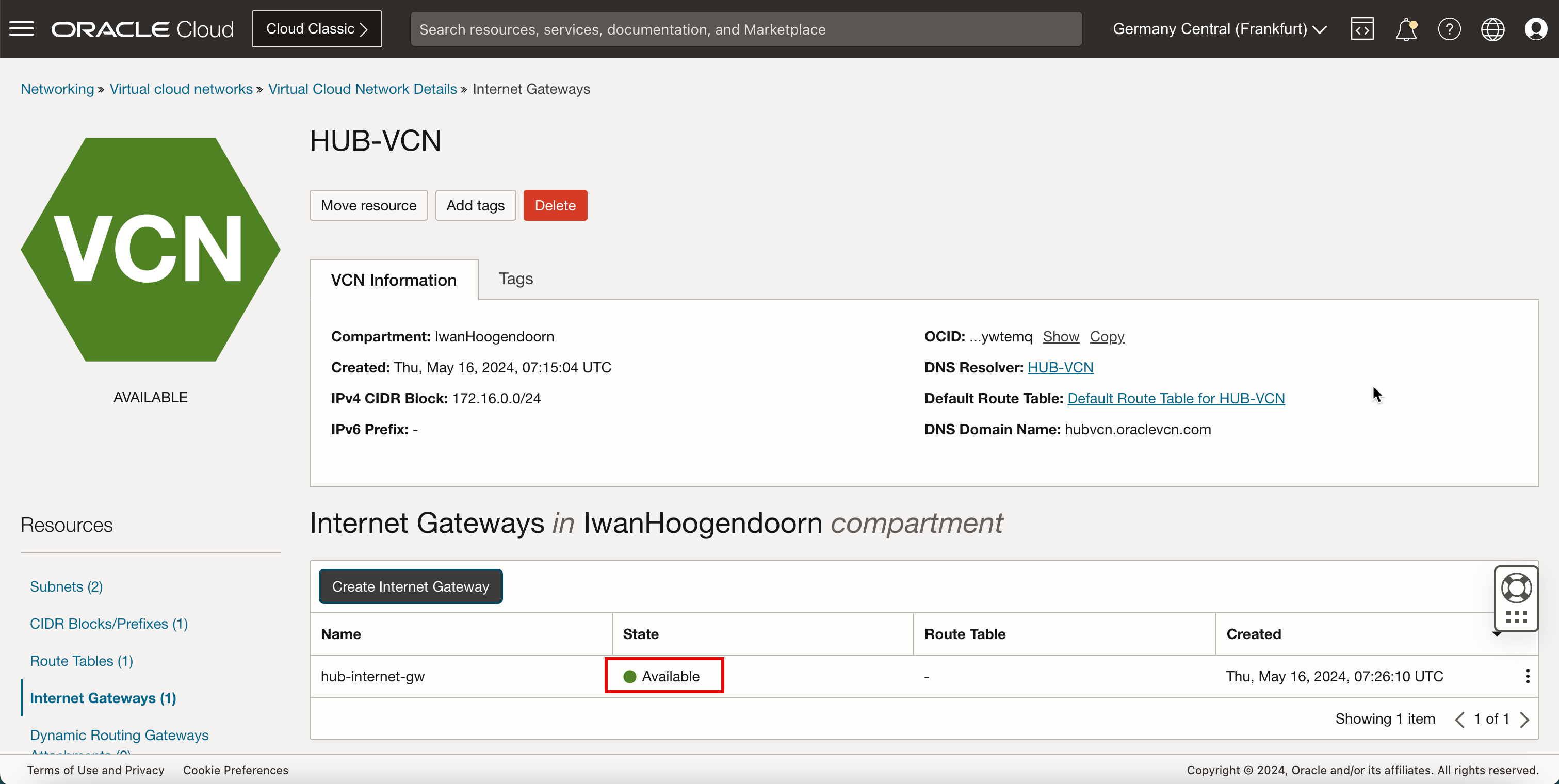

タスク3: ハブVCNでのDynamic Routing Gateway (DRG)、インターネット・ゲートウェイおよびNAT Gatewayの作成

VCN間のトラフィックのルーティングに使用されるDRGを作成します。また、インターネットにアクセスするためのインターネット・ゲートウェイとNATゲートウェイを作成する必要があります。

-

ハブVCNをクリックします。

-

「インターネット・ゲートウェイ」をクリックします。

- 「インターネット・ゲートウェイの作成」をクリックします。

- インターネット・ゲートウェイの名前を入力します。

- 「インターネット・ゲートウェイの作成」をクリックします。

- 状態が「使用可能」であることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

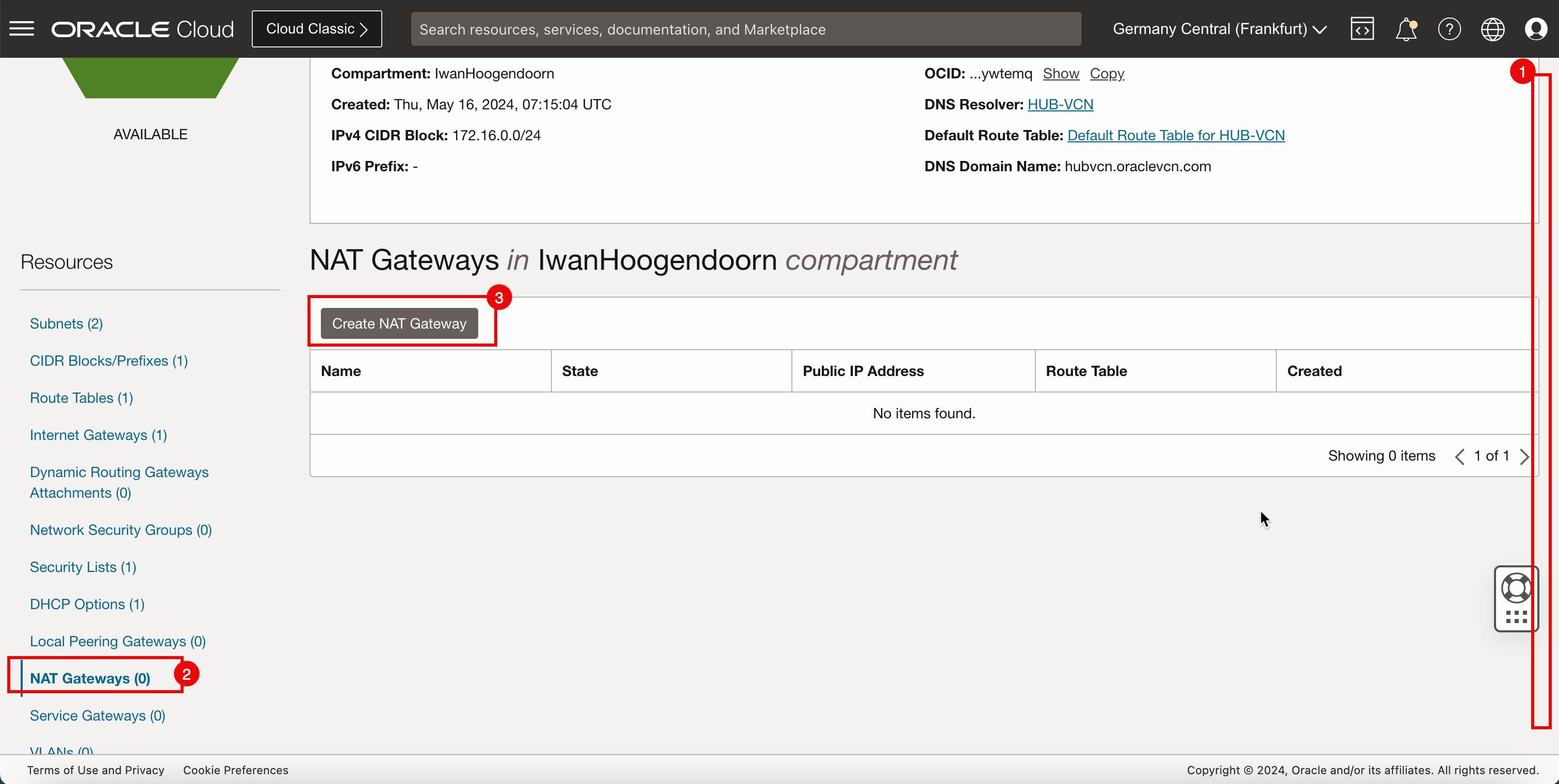

- インターネット・ゲートウェイの作成後は、ハブVCN構成ページ内にあります。下へスクロール

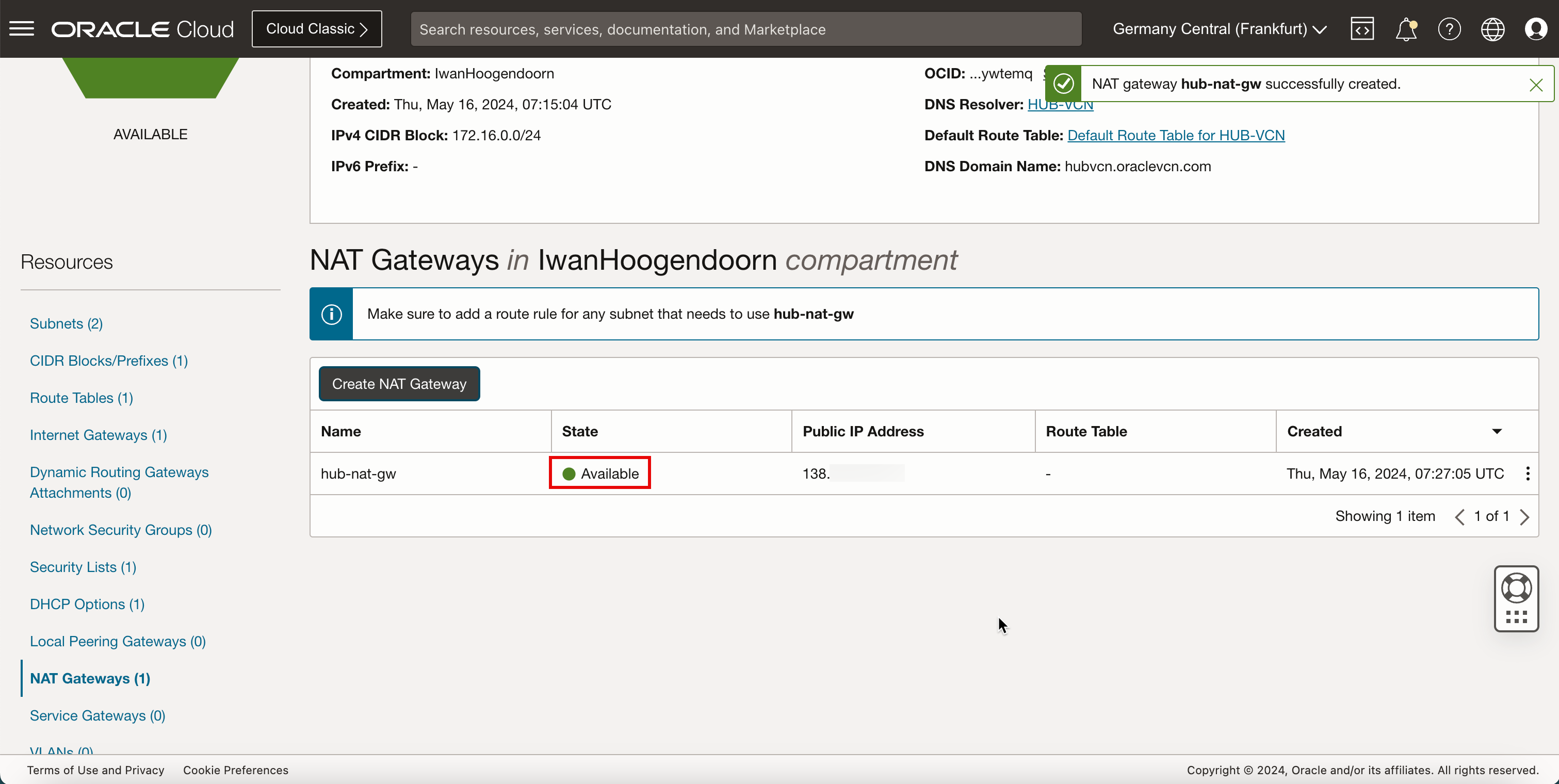

- 「NATゲートウェイ」をクリックします。

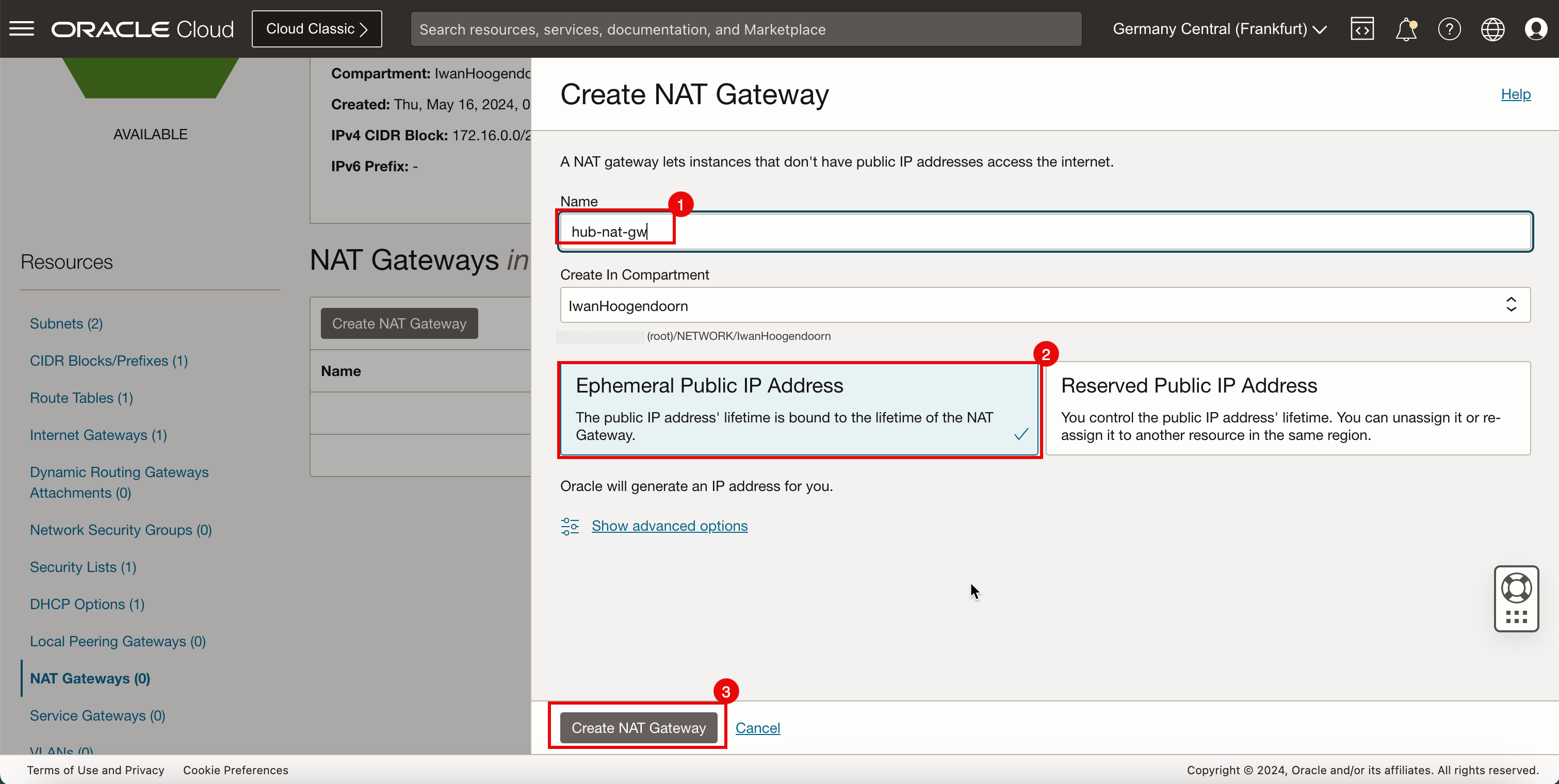

- 「NAT Gatewayの作成」をクリックします。

- NAT Gatewayの名前を入力します。

- 「エフェメラル・パブリックIPアドレス」を選択します。

- 「NAT Gatewayの作成」をクリックします。

- 状態が「使用可能」であることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

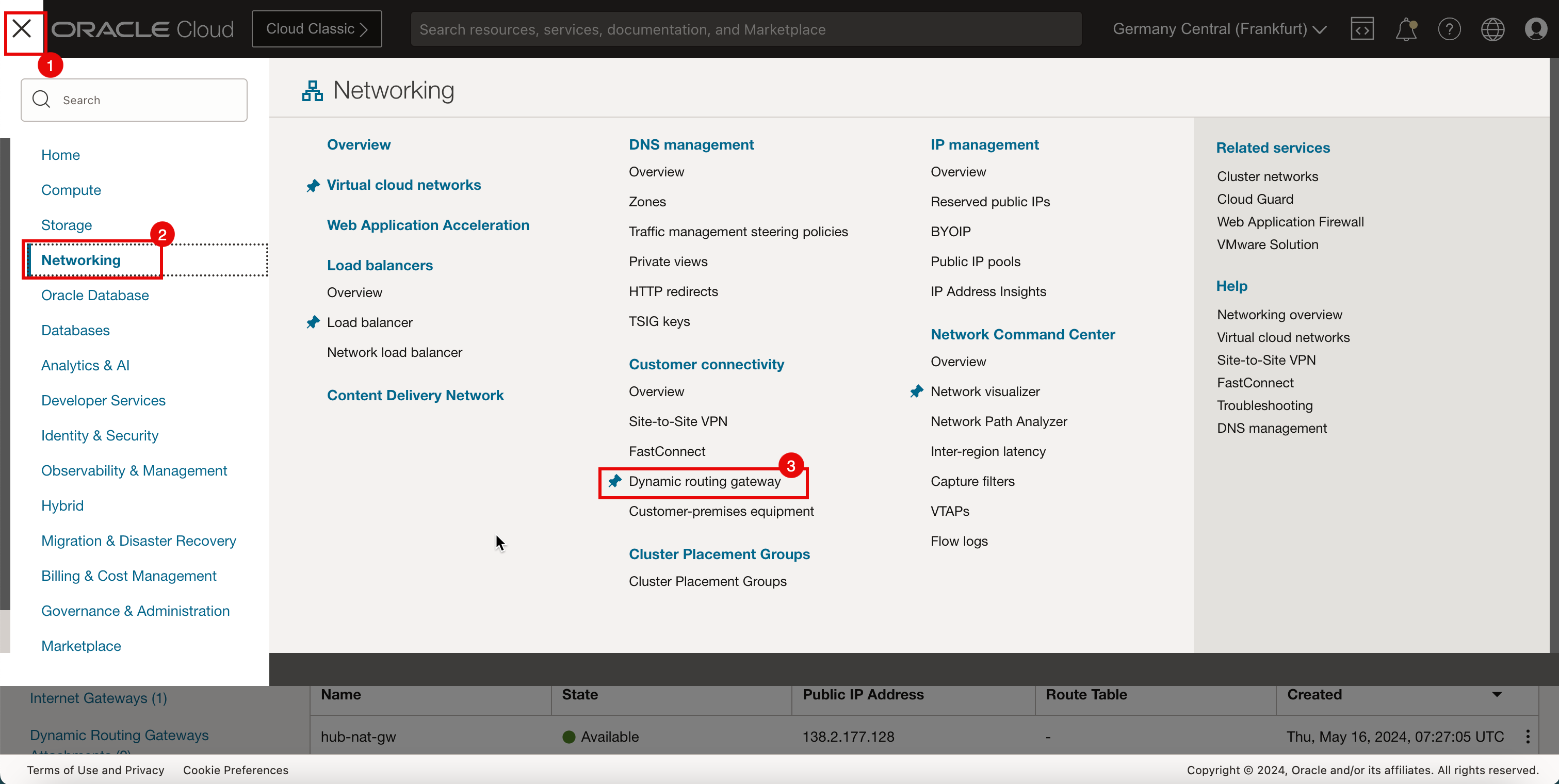

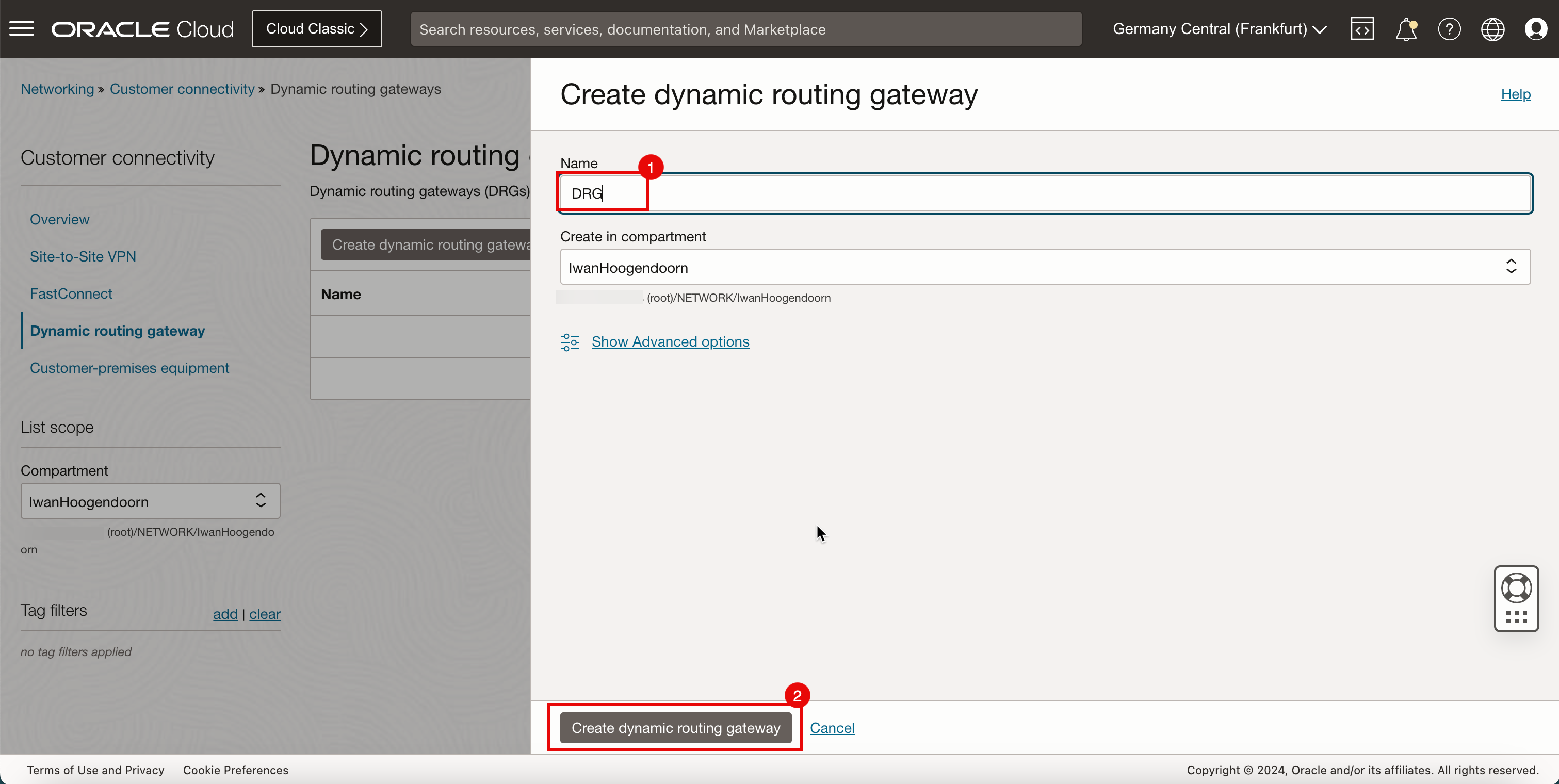

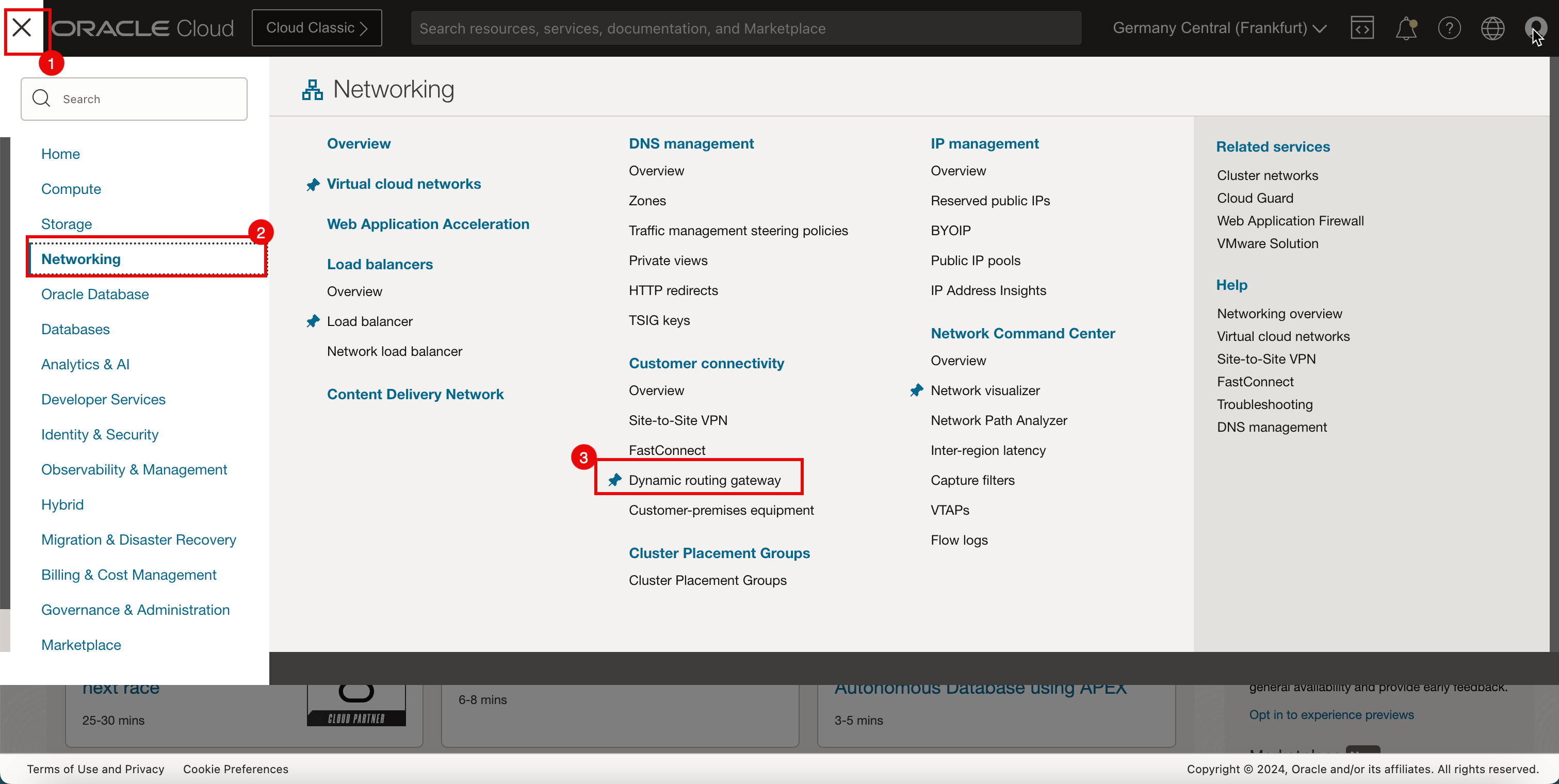

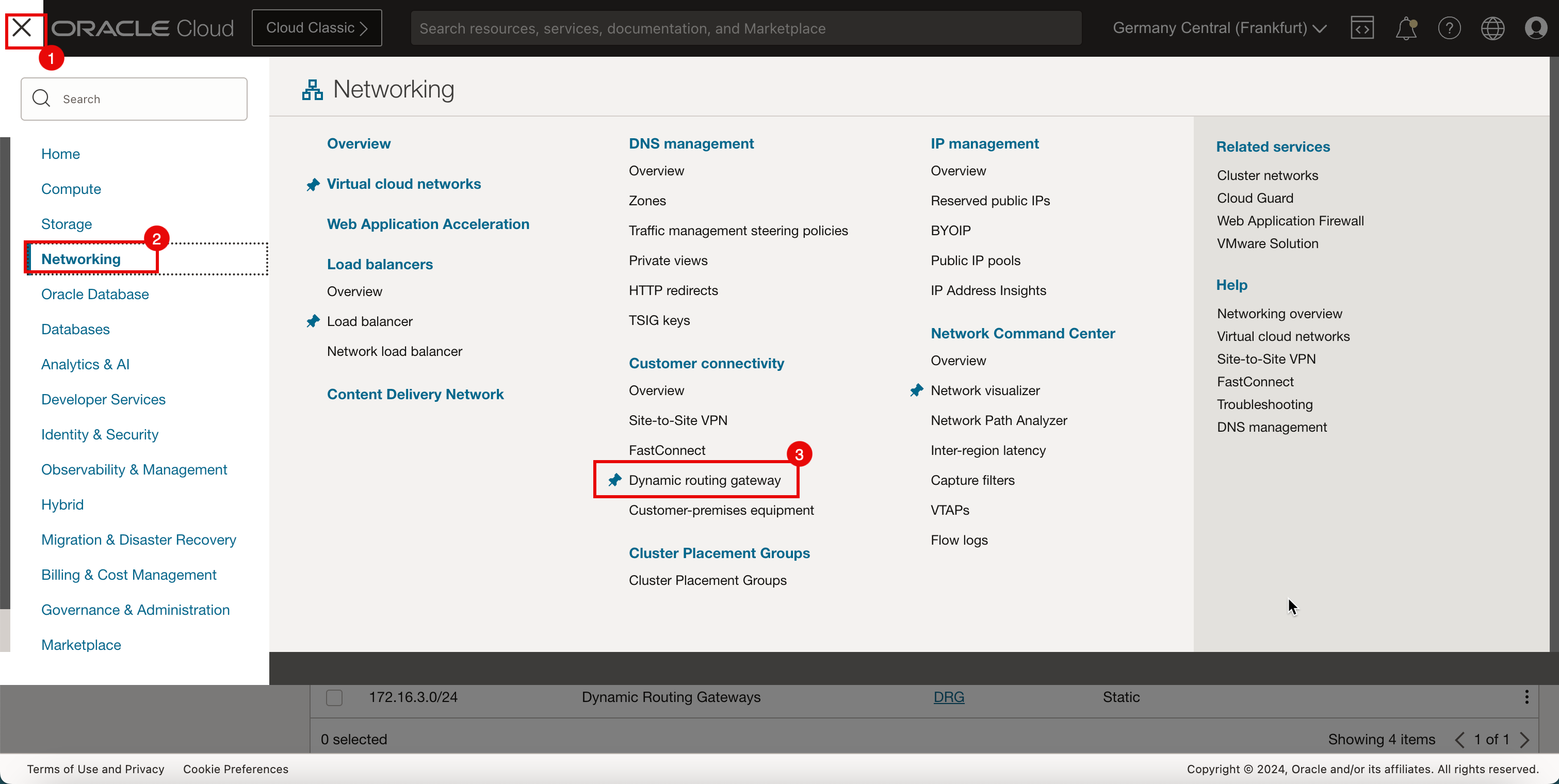

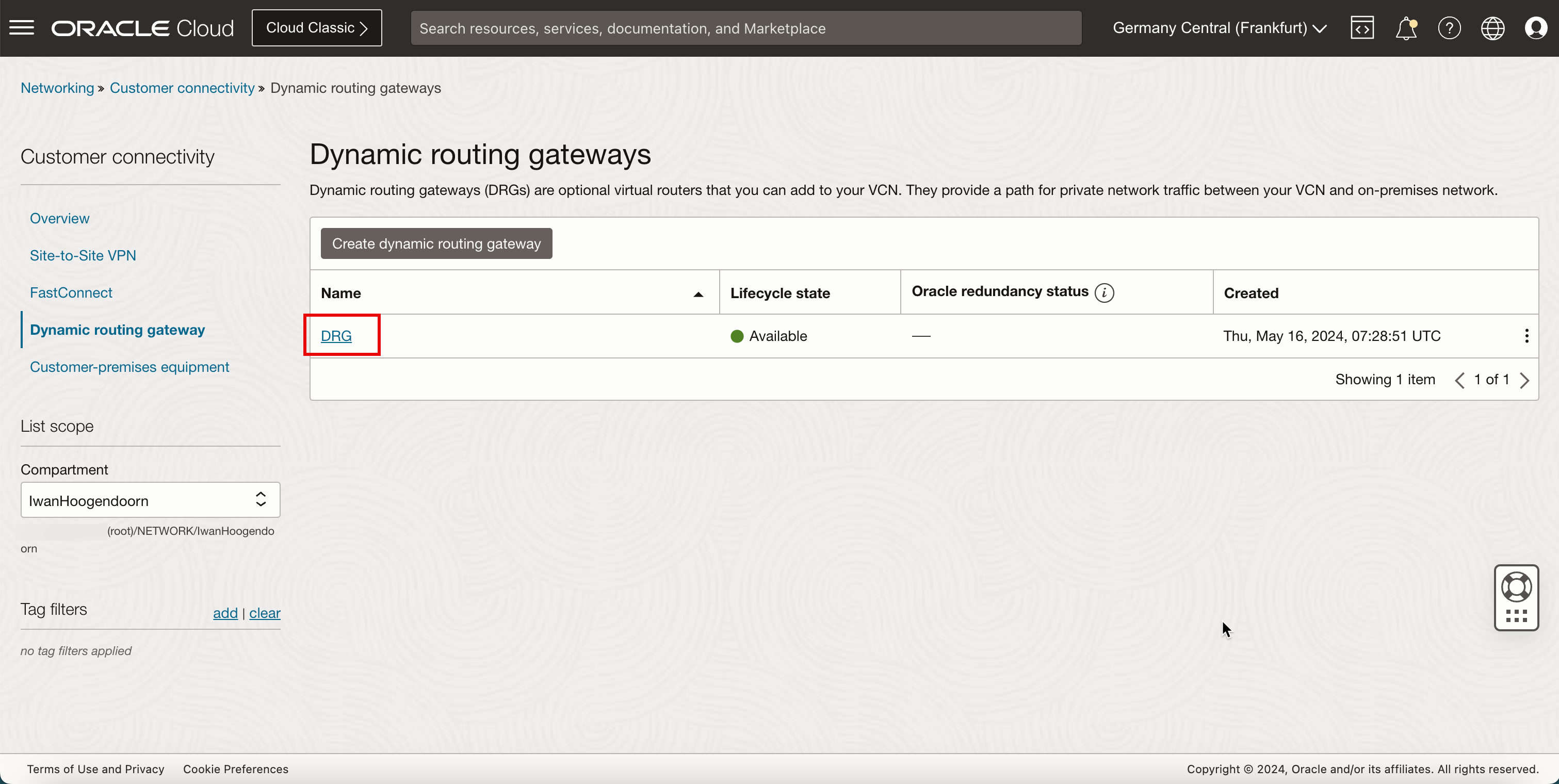

Dynamic Routing Gateway (DRG)を作成します。

- 左上隅のハンバーガー・メニュー(≡)アイコンをクリックします。

- 「ネットワーキング」をクリックします。

- 「Dynamic Routing Gateway」をクリックします。

-

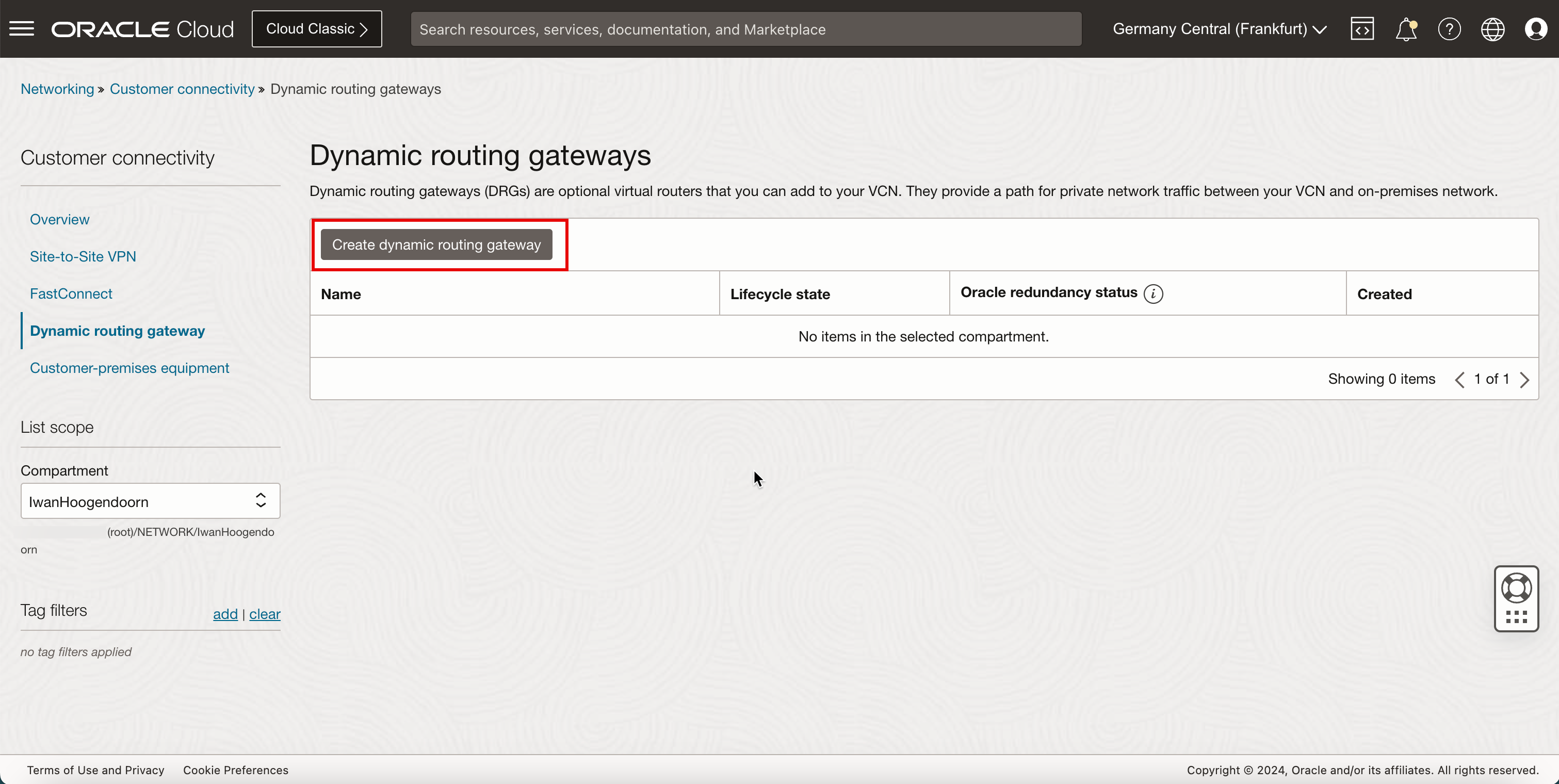

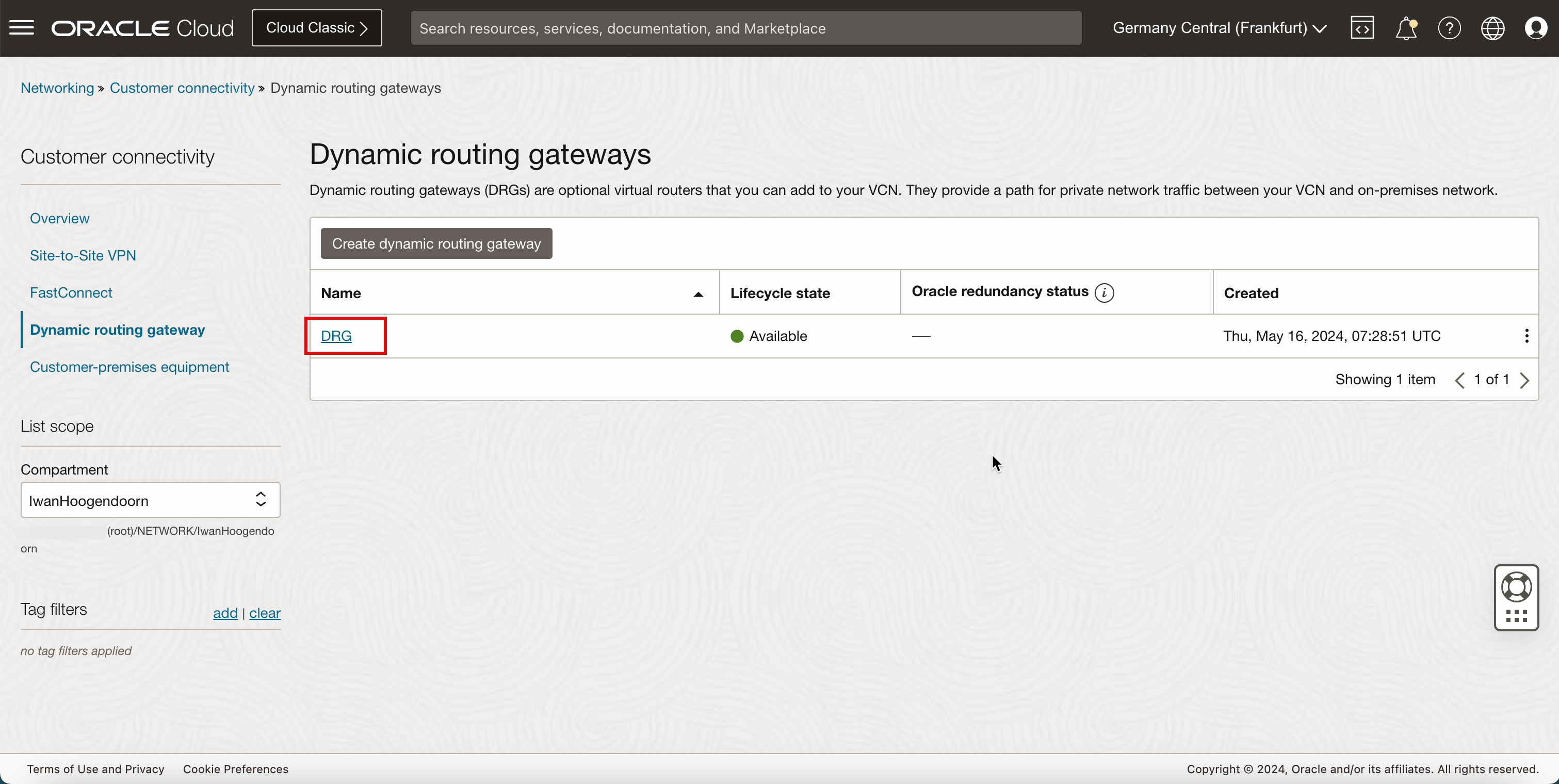

「動的ルーティング・ゲートウェイの作成」をクリックします。

- 動的ルーティング・ゲートウェイの「名前」を入力します。

- 「動的ルーティング・ゲートウェイの作成」をクリックします。

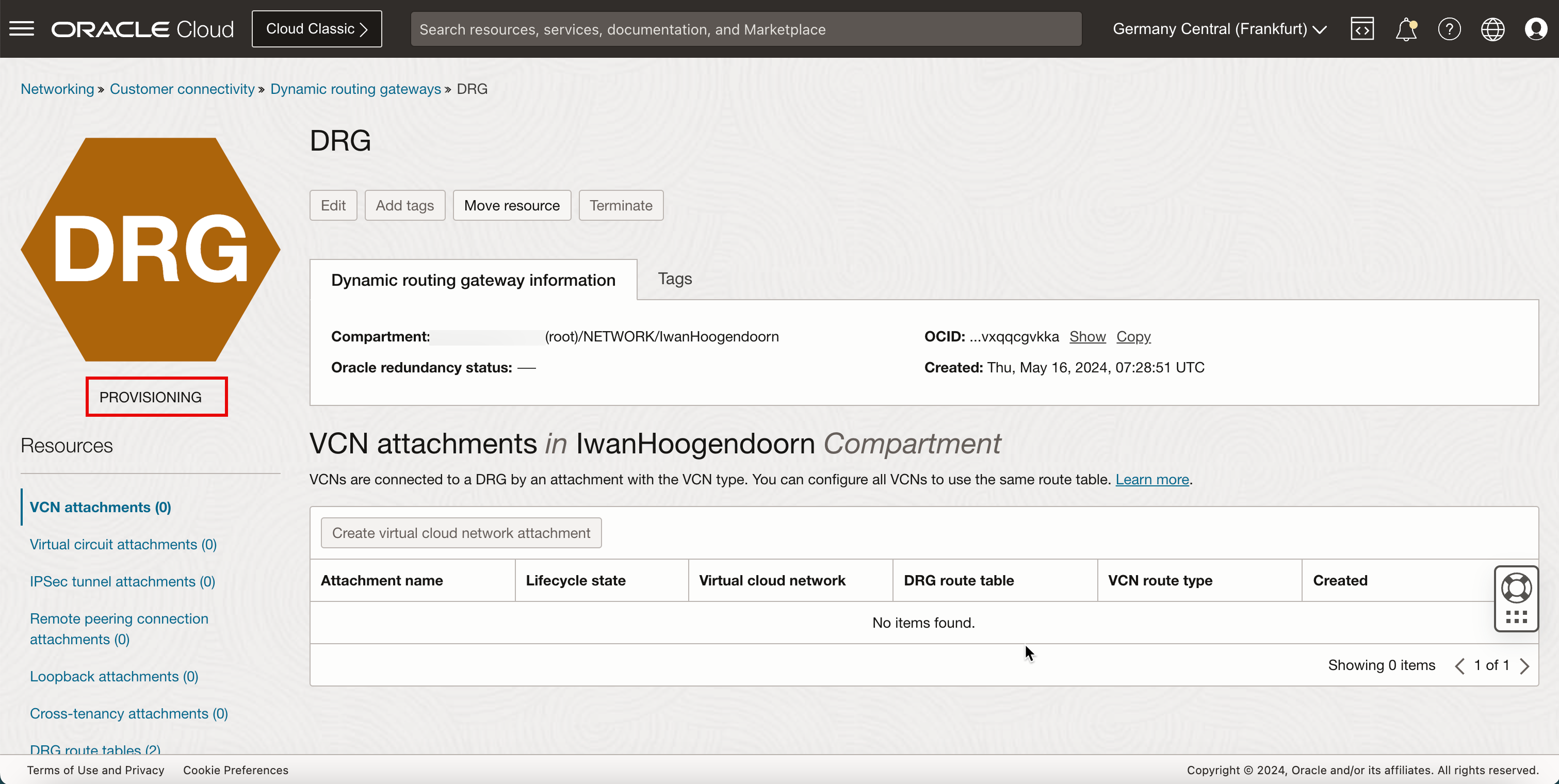

- 状態が「プロビジョニング中」であることを確認します。

-

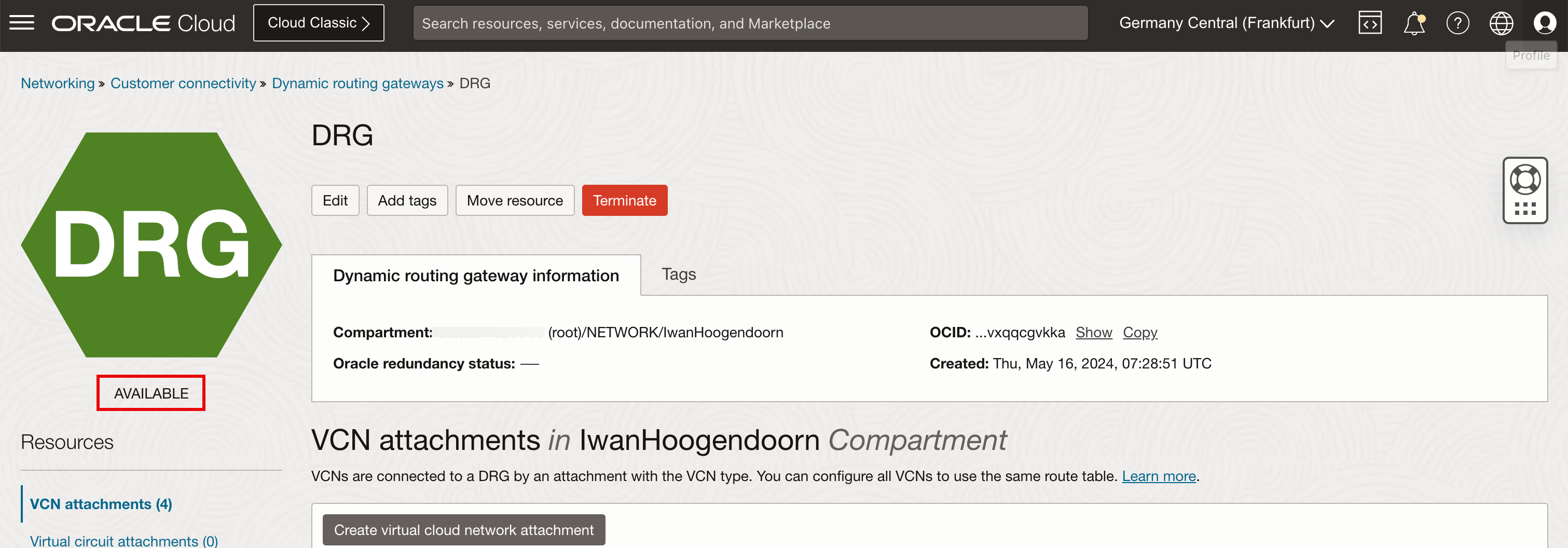

状態が「使用可能」に変更されていることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

タスク4: すべてのVCN内の異なるサブネットにアタッチされたインスタンスの追加

ルーティング・フローをテストできるように、すべてのVCNに様々なOCIコンピュート・インスタンスを追加します。

ハブVCNでのインスタンスの作成

ハブVCNでは、2つの主な機能を持つWindowsコンピュート・インスタンスを作成します:

-

Windowsインスタンスは、OCI環境内の他のインスタンスにアクセスするためのステップストーン・マシンとして機能します。

-

Windowsインスタンスは、ルーティング・フローのテストに使用できるネットワーク・エンドポイントでもあります。

ステップ・ストーンとしてのWindowsインスタンス

OCI環境内でステップ・ストーンとして機能するWindowsインスタンス(ハブ・ステップ・ストーン)を作成するには、Oracle Cloud InfrastructureでのWindowsインスタンスのデプロイを使用します。

ノート:チュートリアルを続行する前に、Windowsステップ・ストーン・インスタンス(hub-step-stone)を作成します。

次の図は、これまでに作成したものを視覚的に示したものです。

ハブVCNスポークVCN Aでのインスタンスの作成

スポークVCN Aでは、ルーティング・フローのテストに使用できるネットワーク・エンドポイントとして機能する単純なLinuxインスタンスを作成します。

クライアント・インスタンスのスポーク

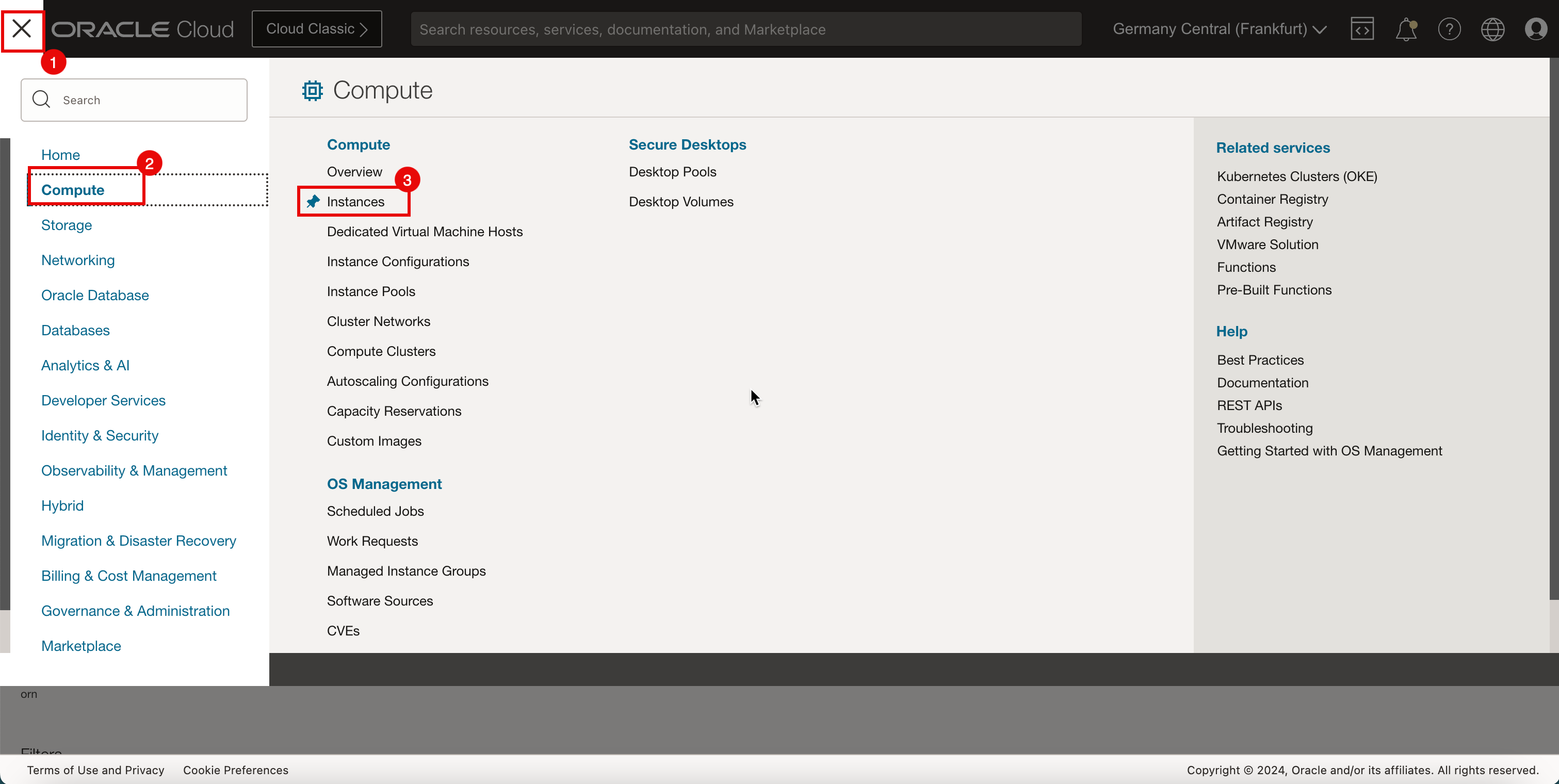

-

インスタンスの作成

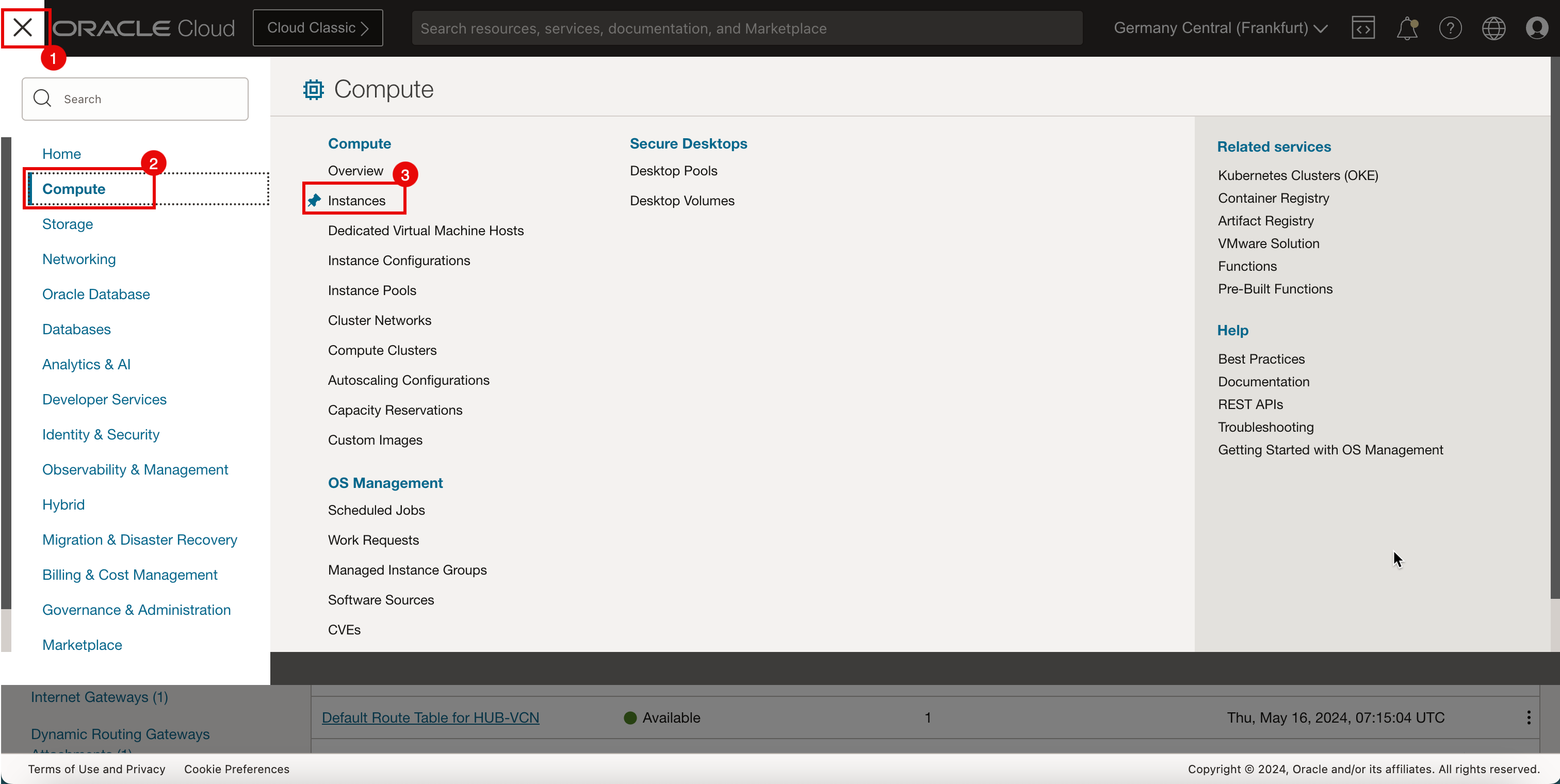

- 左上隅のハンバーガー・メニュー(≡)アイコンをクリックします。

- 「計算」をクリックします。

- 「インスタンス」をクリックします。

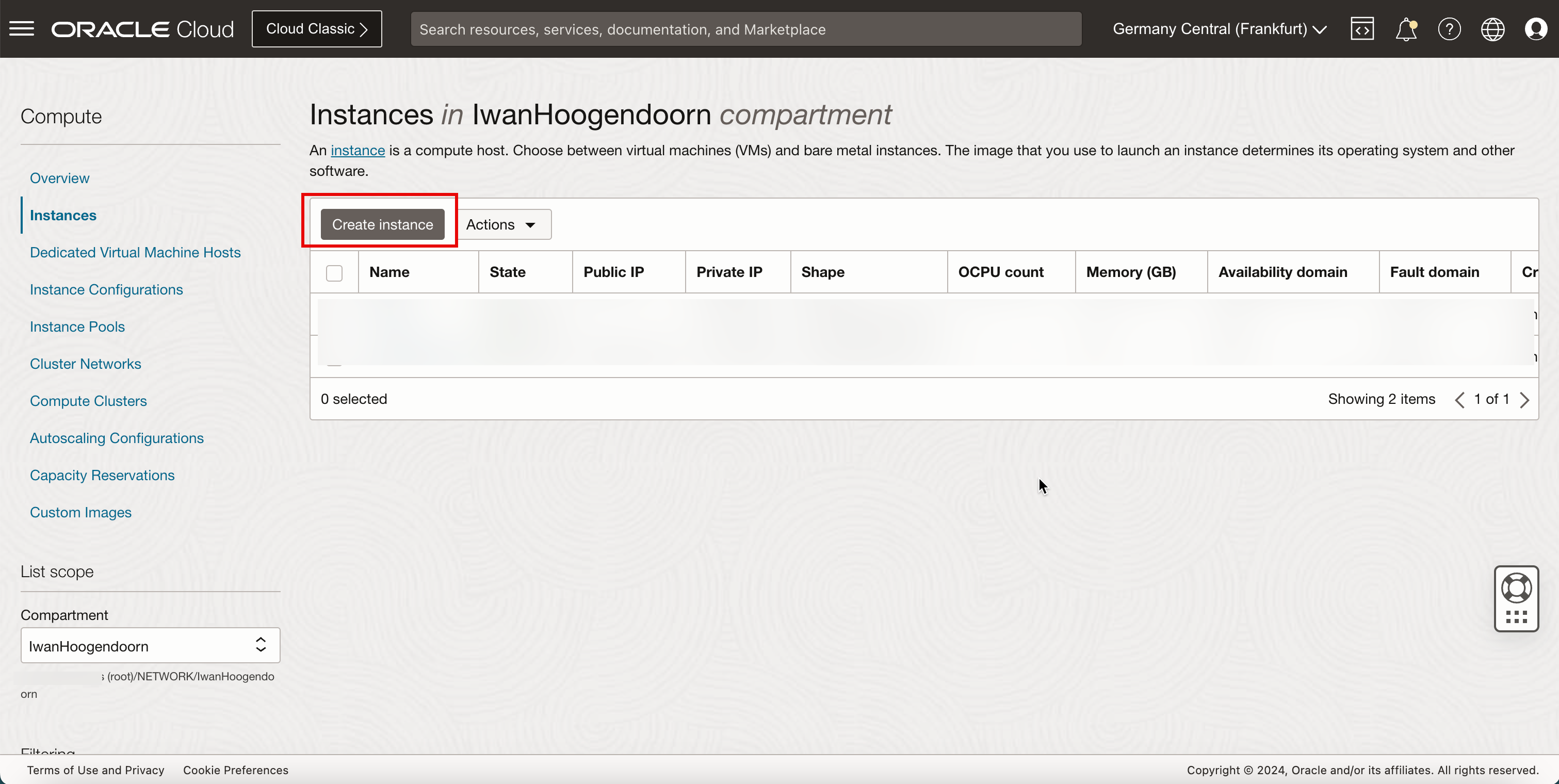

-

「インスタンスの作成」をクリックします。

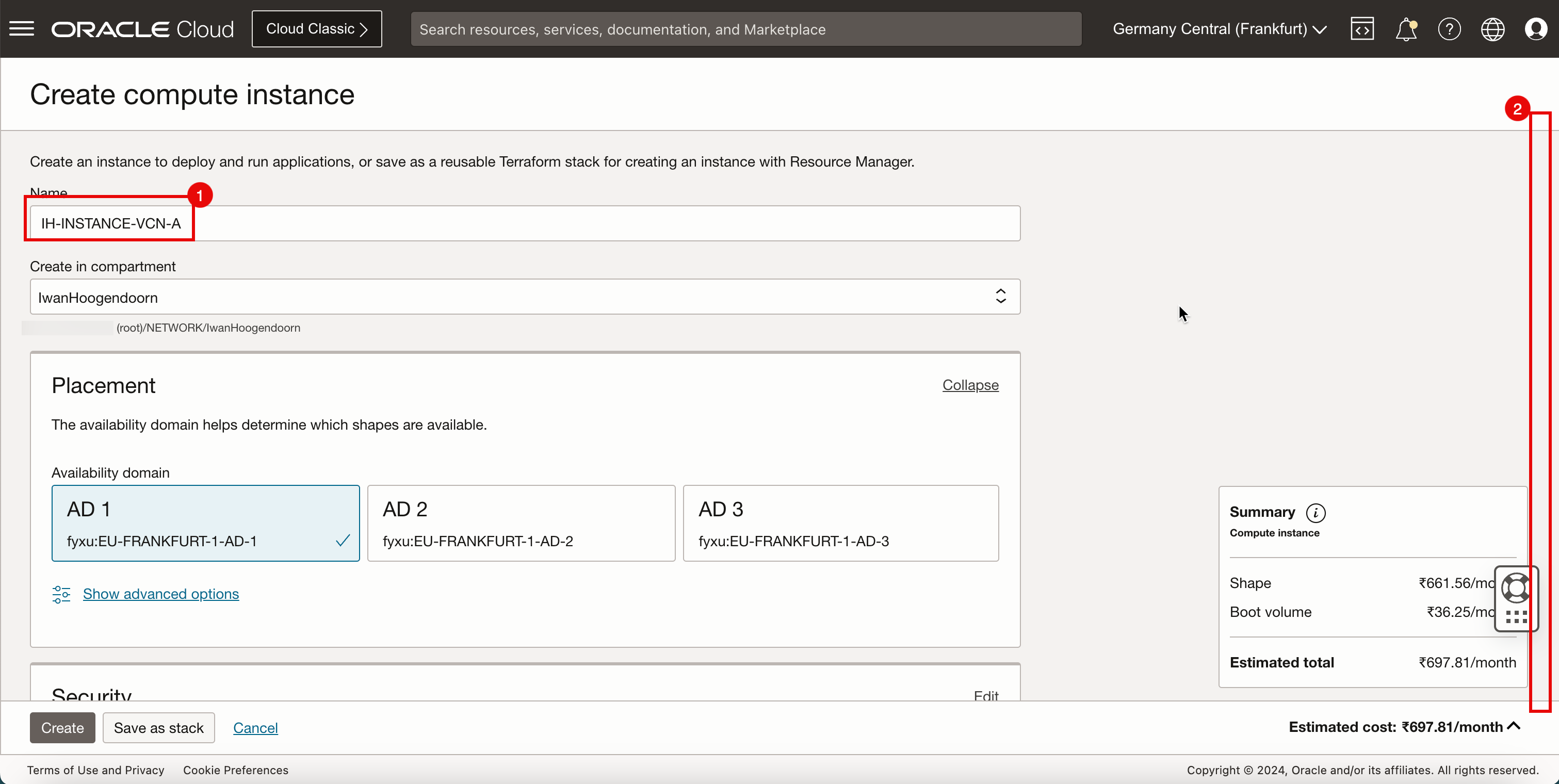

- インスタンスの「名前」を入力します。

- 下へスクロール

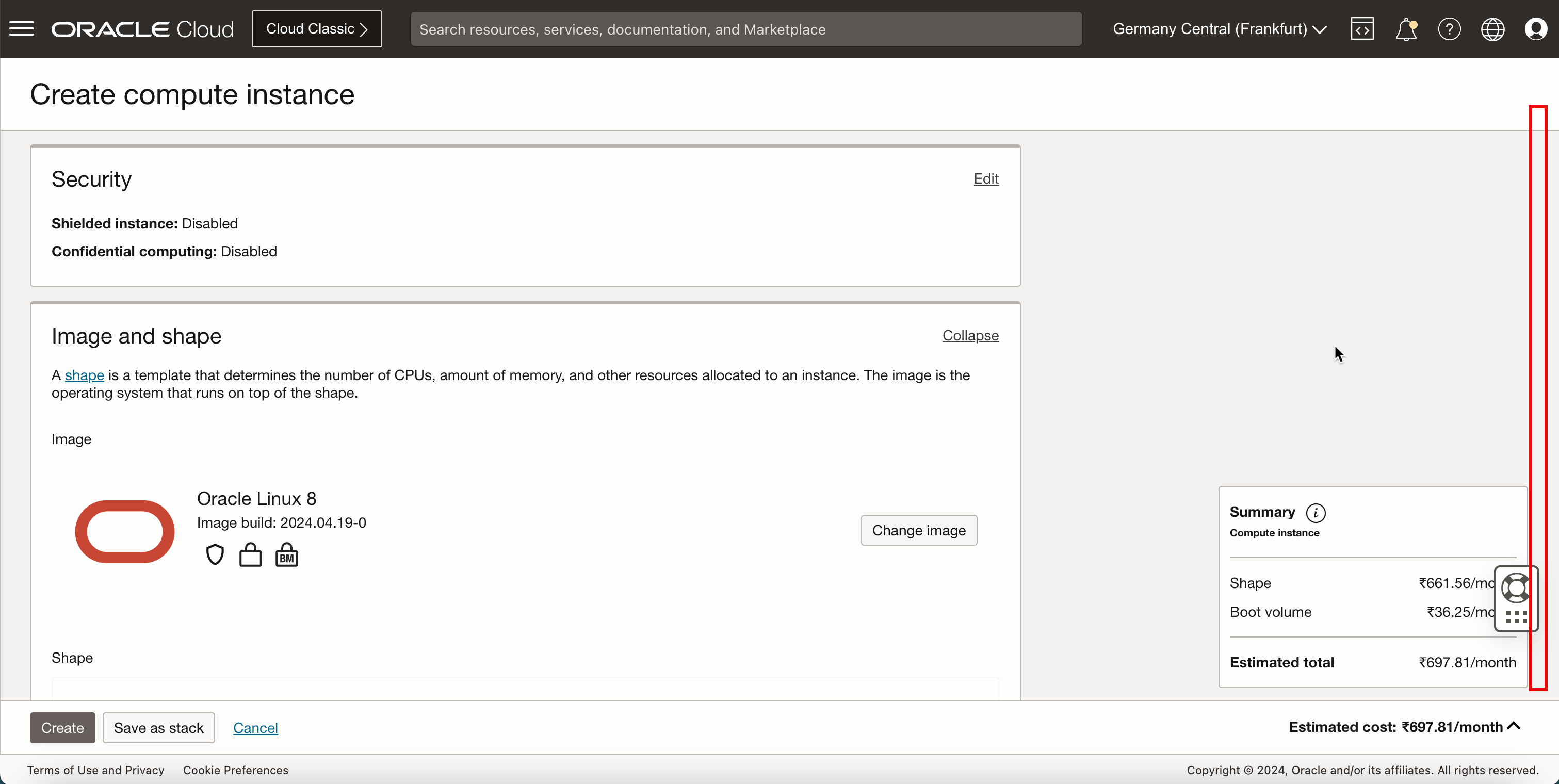

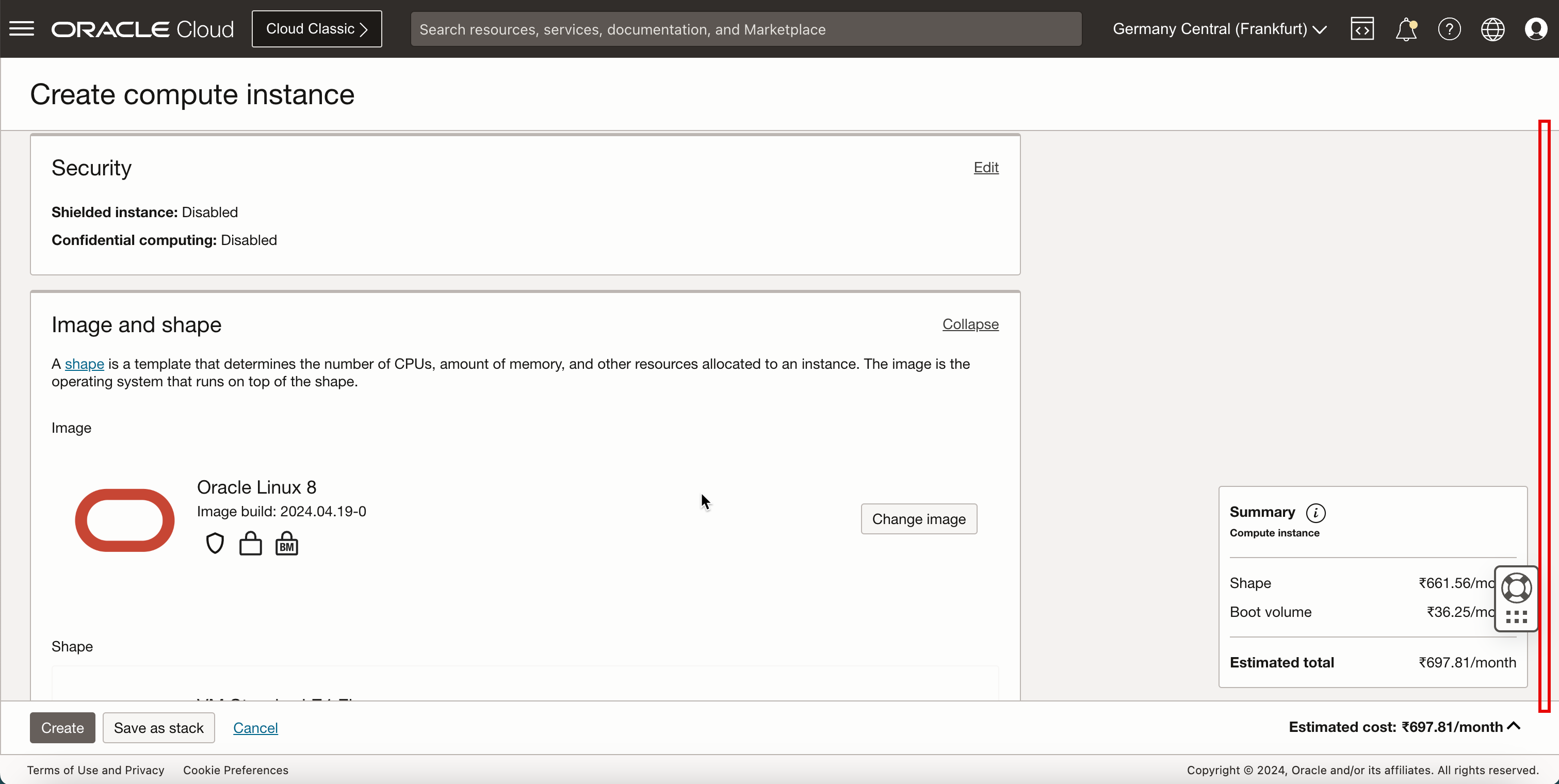

-

下へスクロール

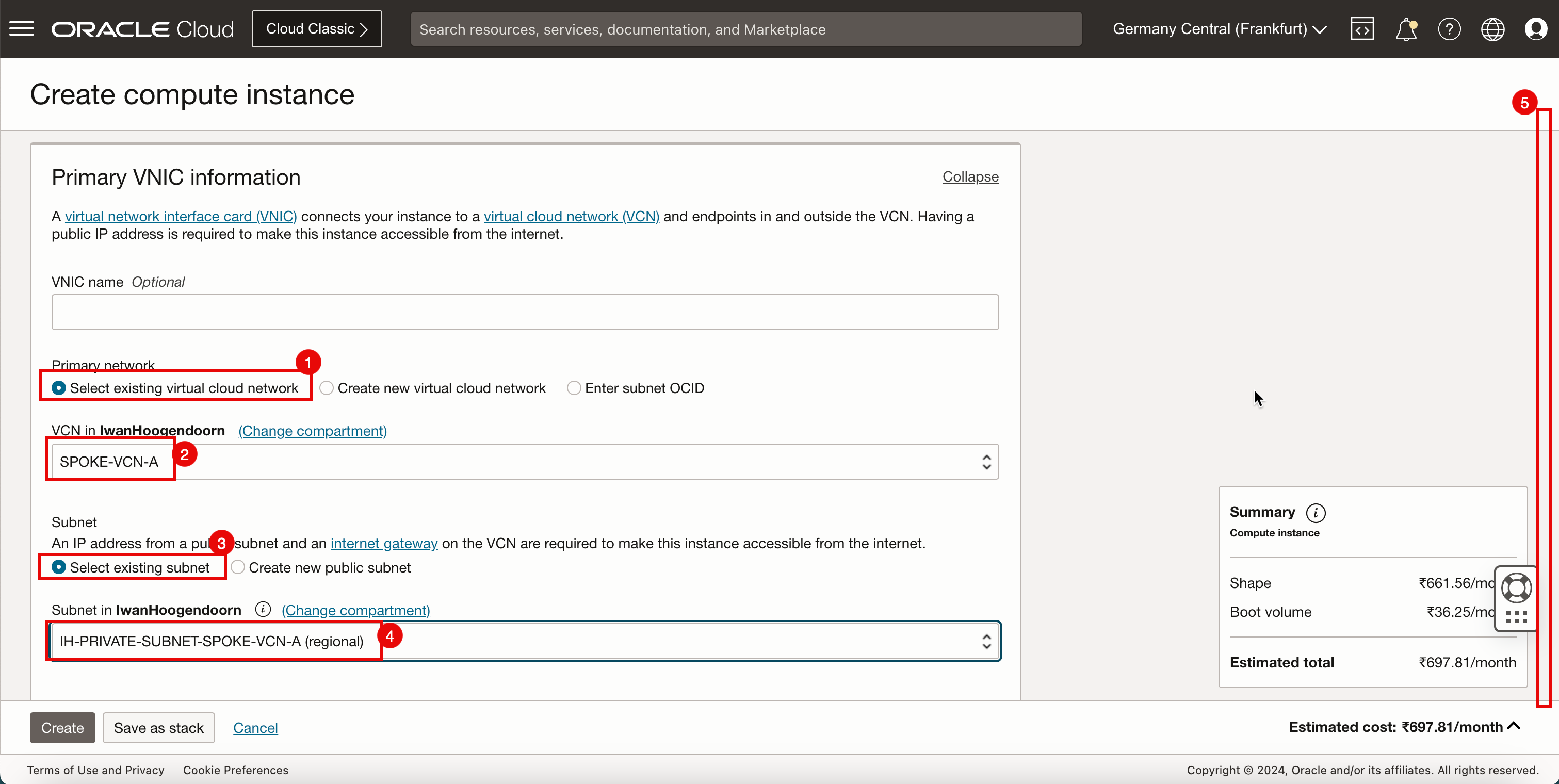

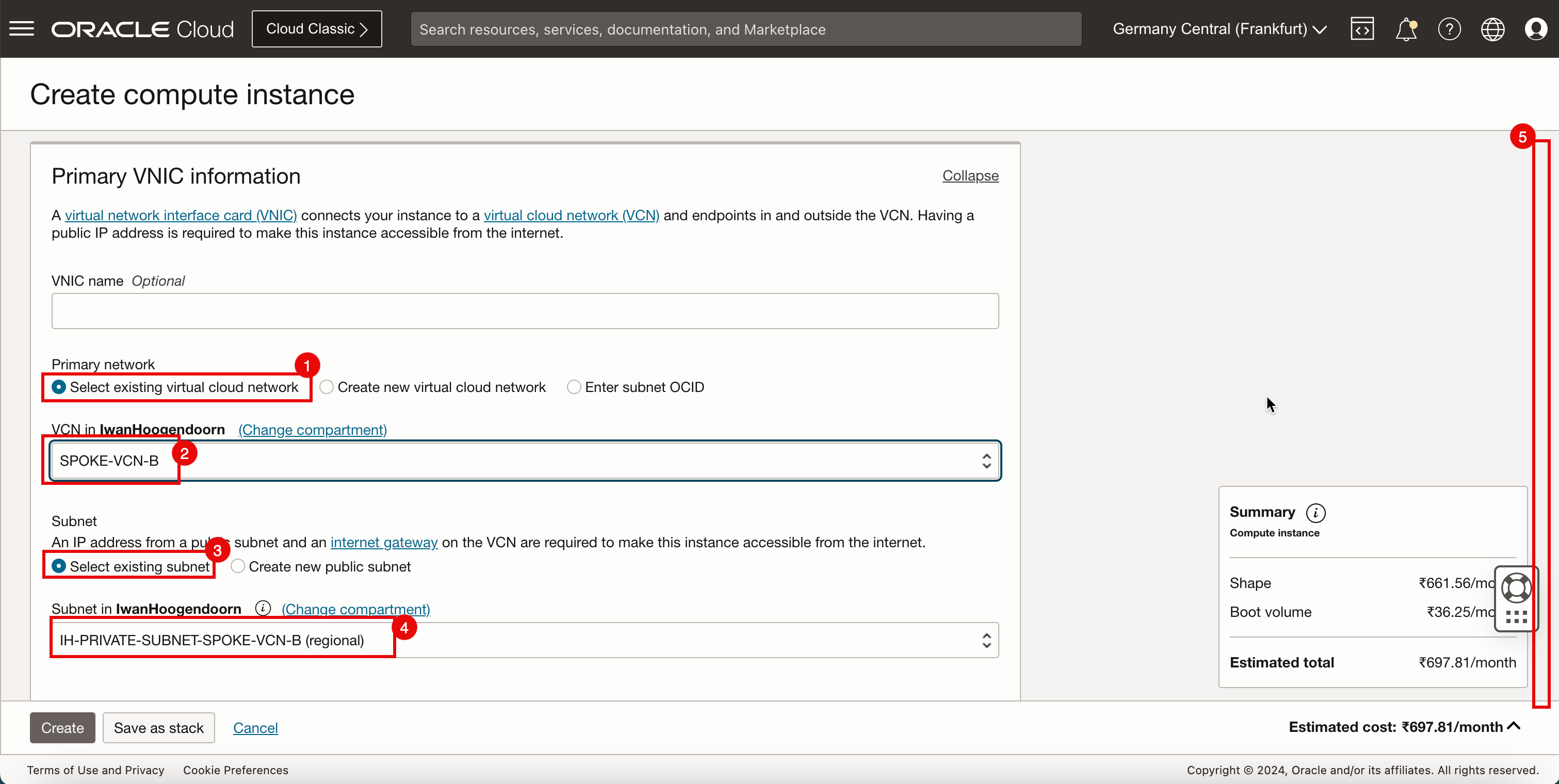

- 「プライマリ・ネットワーク」で、「既存の仮想クラウド・ネットワークを選択」を選択します。

- VCNで、「SPOKE-VCN-A」を選択します。

- 「サブネット」で、「既存のサブネットを選択」を選択します。

- スポークVCN Aから「プライベート・サブネット」を選択します。

- 下へスクロール

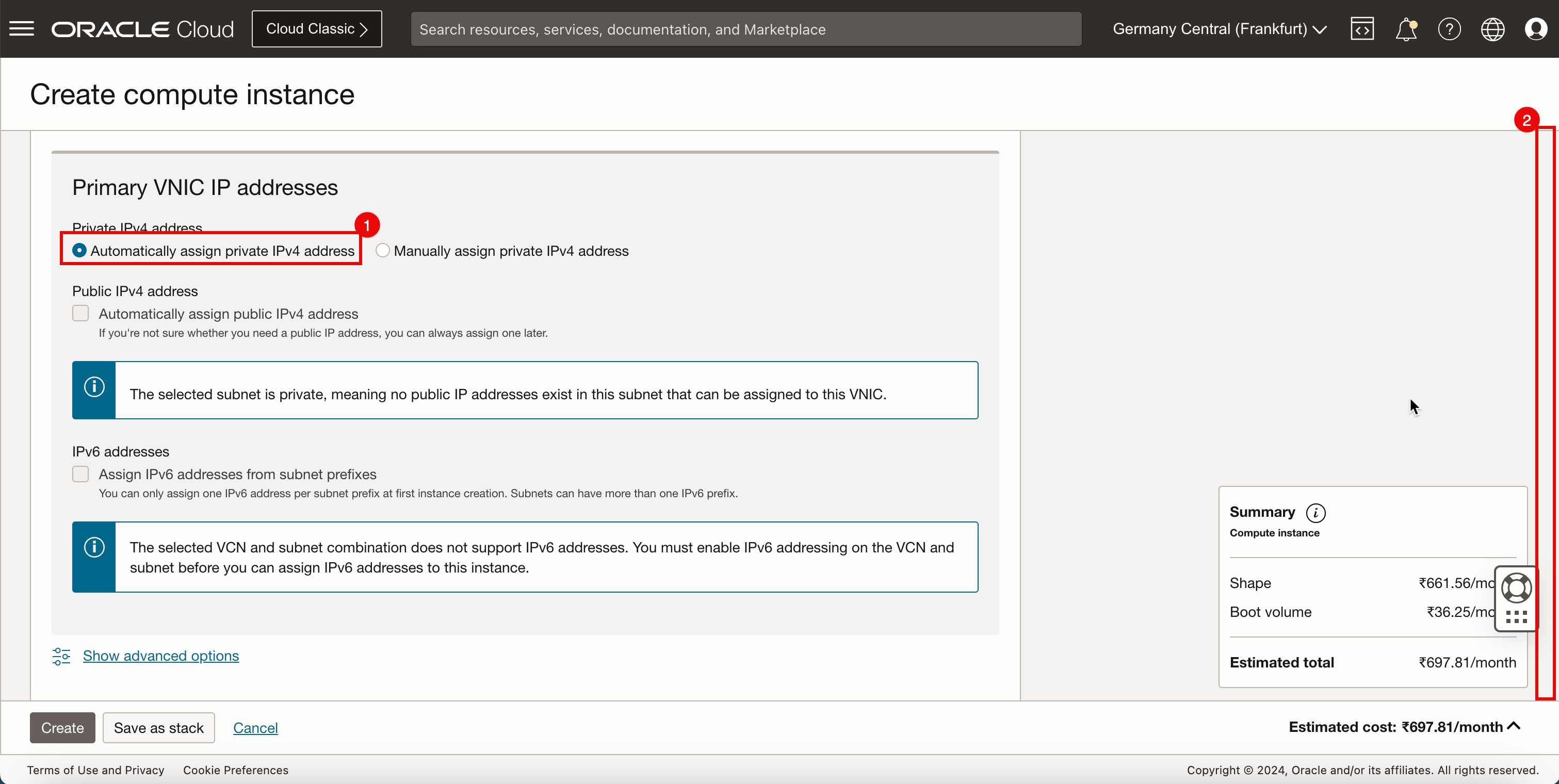

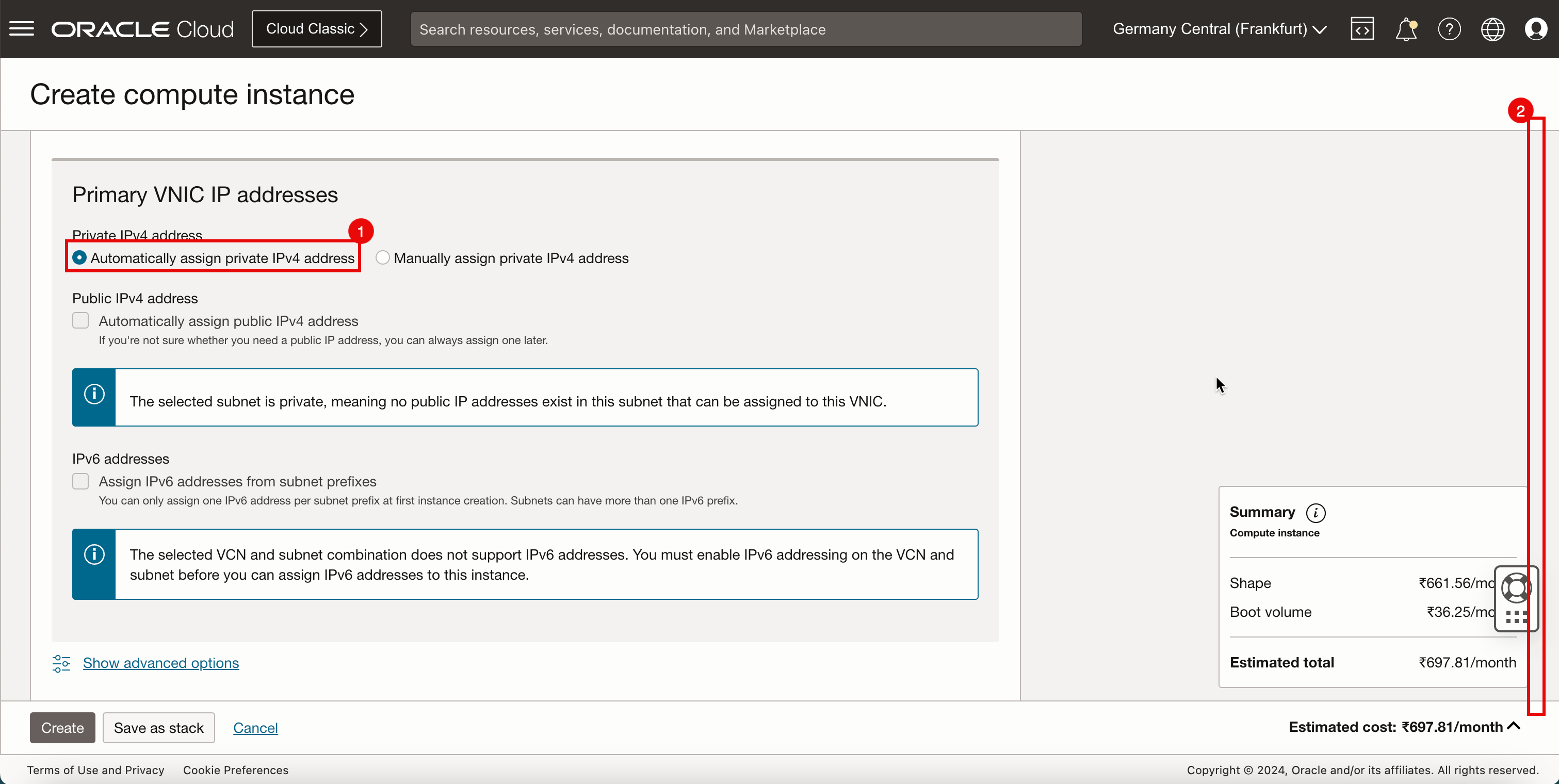

- 「プライベートIPv4アドレス」で、「プライベートIPv4アドレスの自動割当て」を選択します。

- 下へスクロール

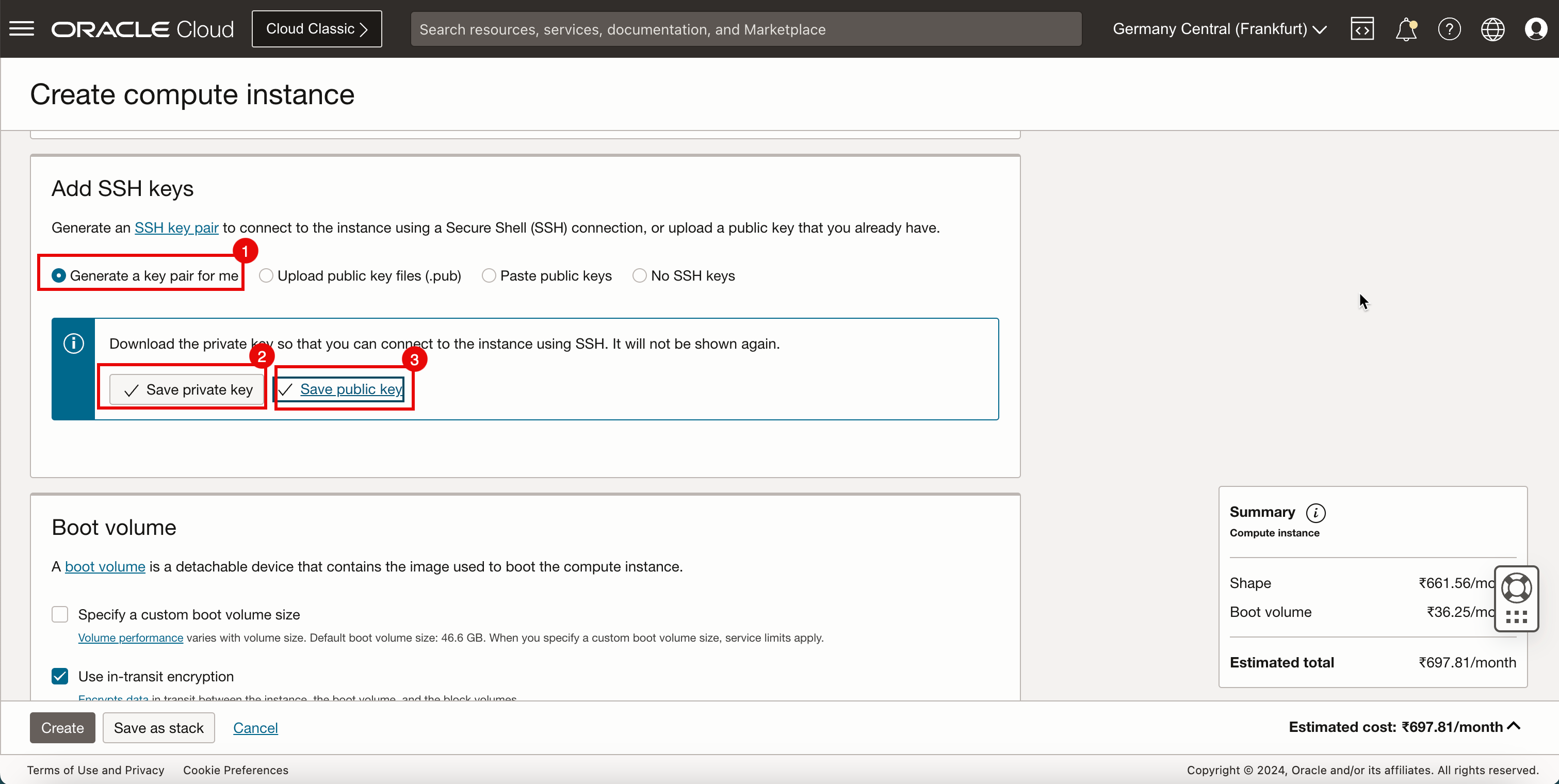

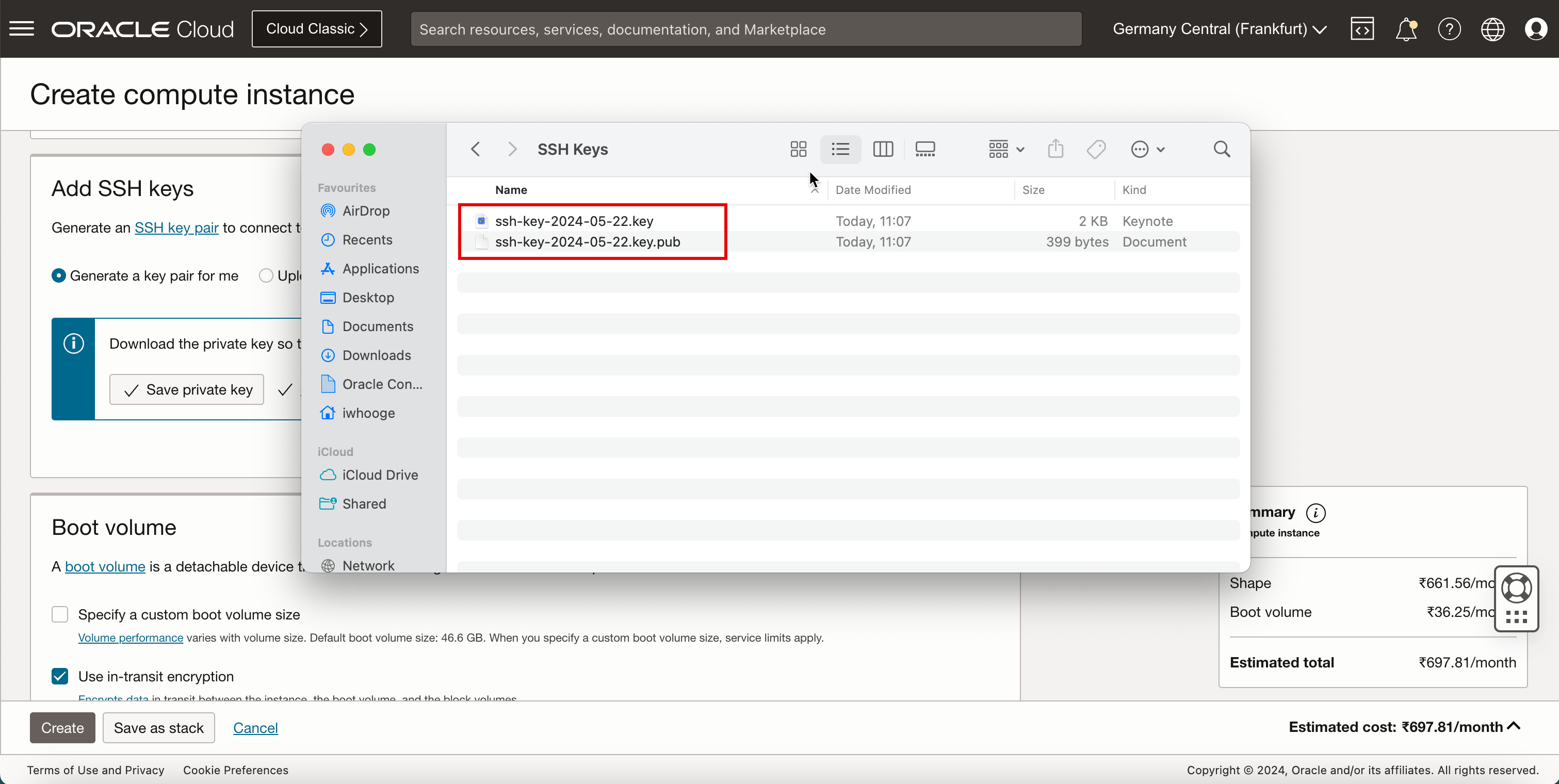

- 「SSHキーの追加」で、「キー・ペアの生成」を選択します。

- 「秘密鍵の保存」をクリックして、秘密鍵をローカルに保存します。

- 「公開キーの保存」をクリックして、公開キーをローカルに保存します。

-

キーがローカルに格納されていることを確認します。

ノート:他のスポーク・インスタンスには同じキー・ペアを使用します。

-

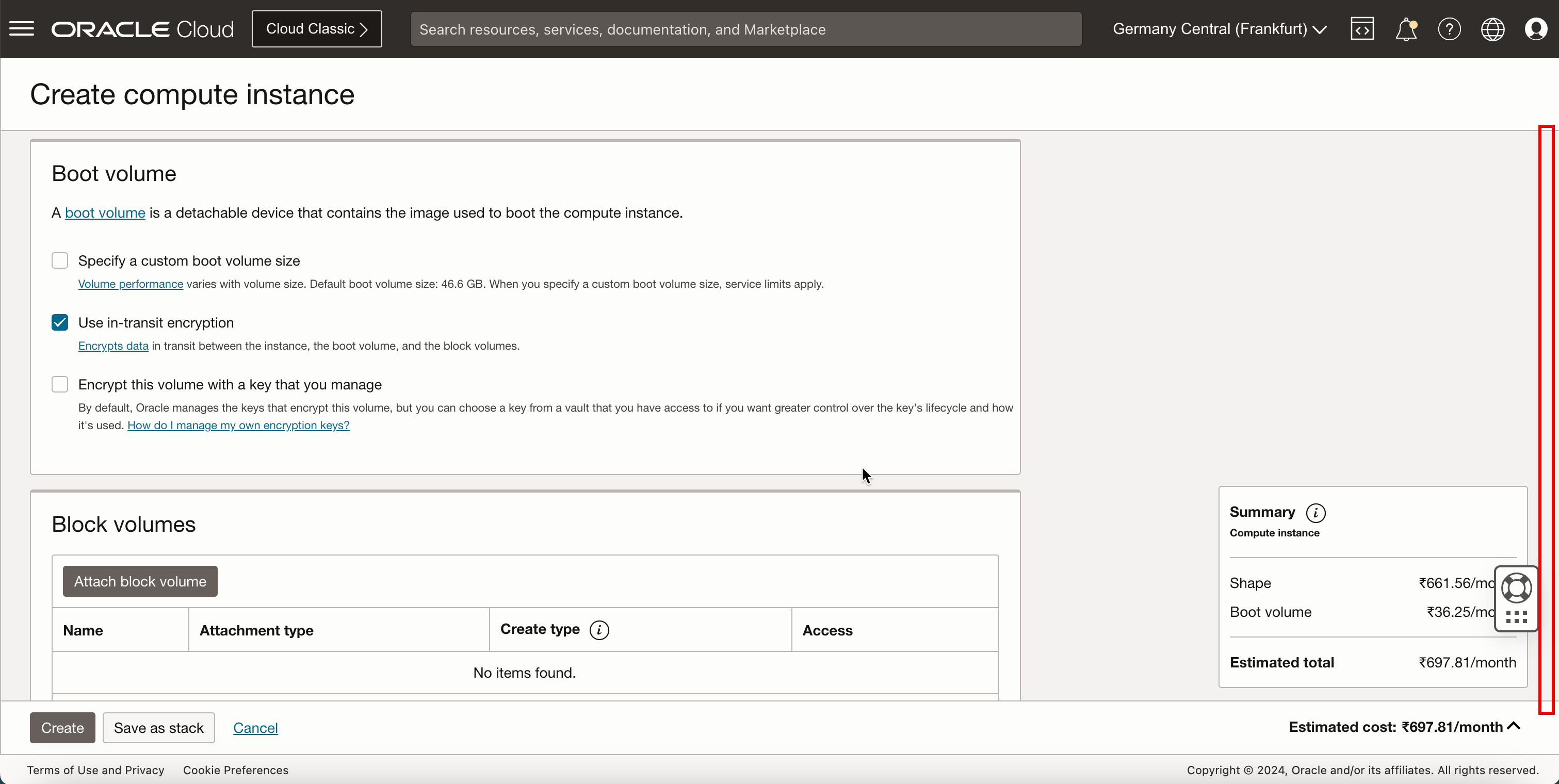

下へスクロール

-

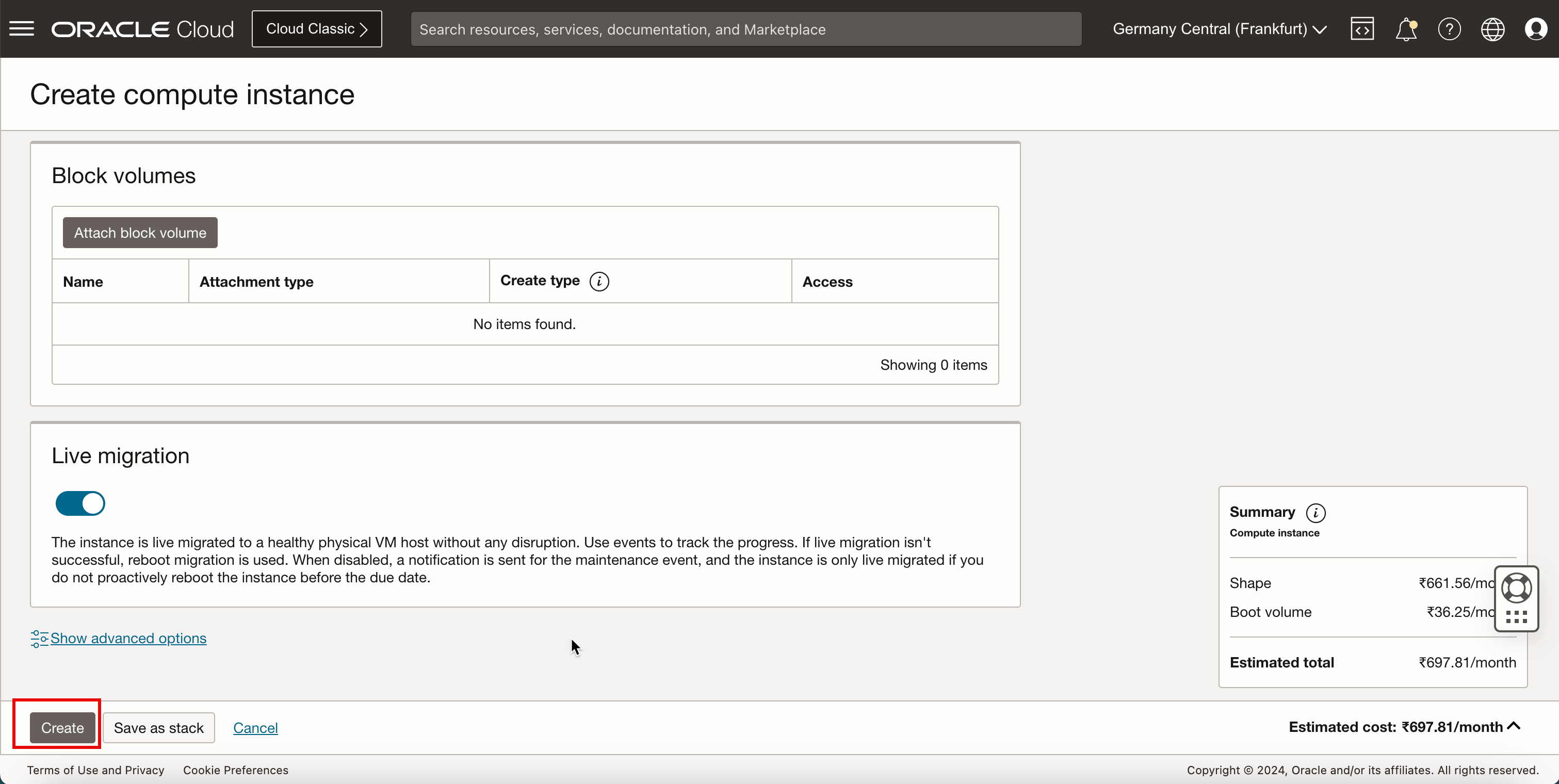

「作成」をクリックします。

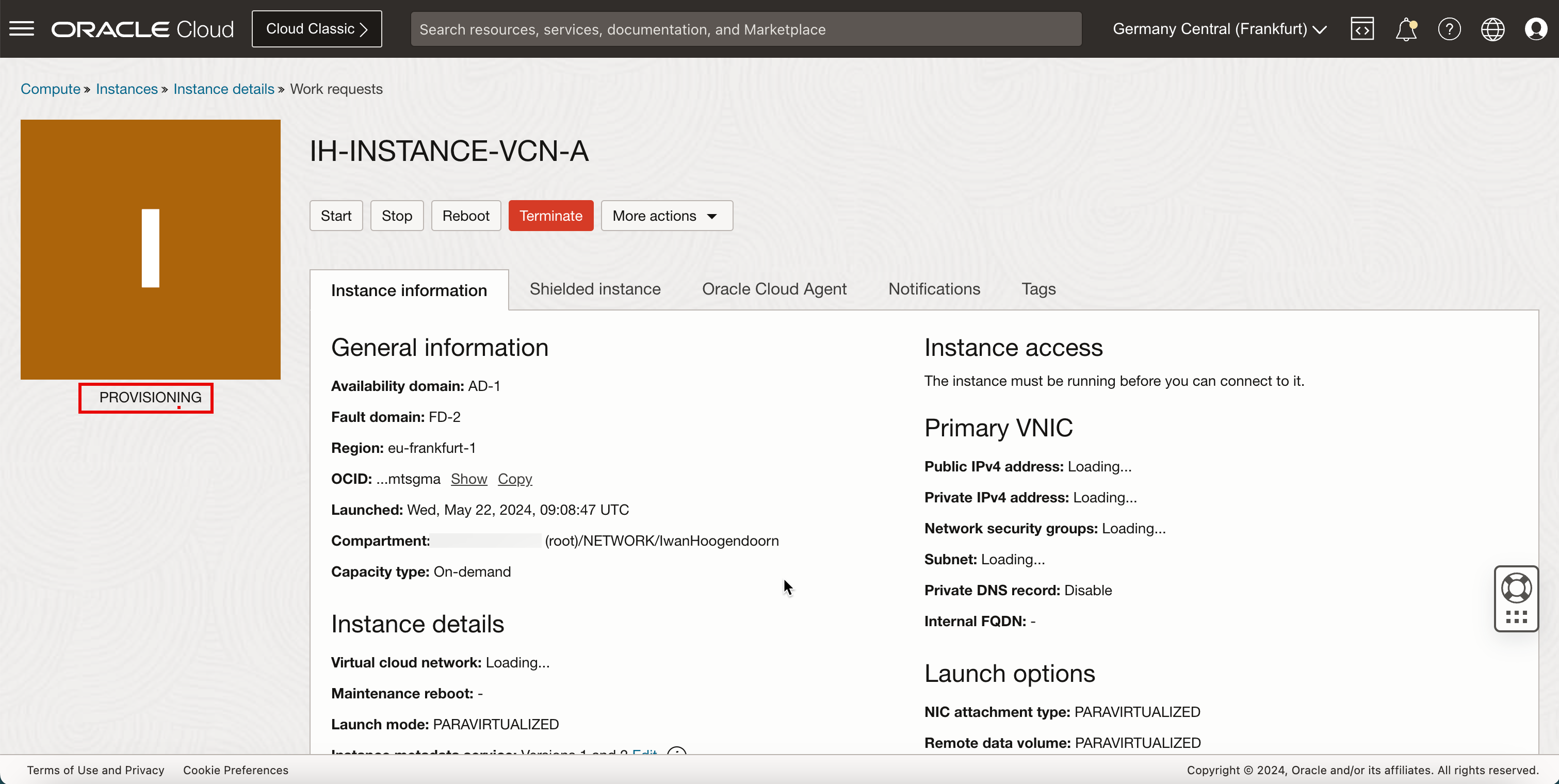

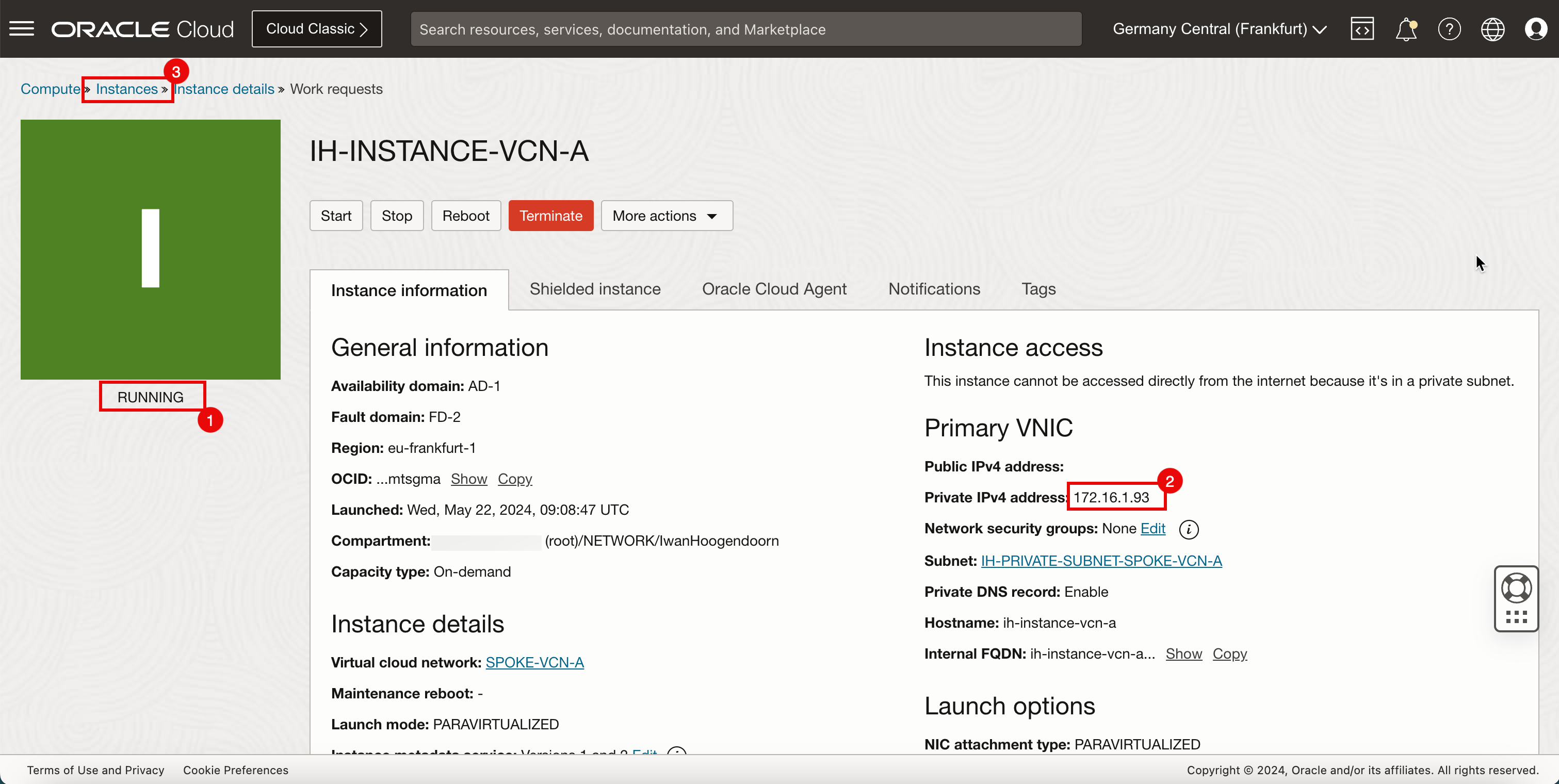

-

状態が「プロビジョニング中」であることを確認します。

- 状態が「RUNNING」に変更されていることを確認します。

- 後でプライベートIPアドレスを書き留めます。

- 「インスタンス」をクリックして、インスタンス・ページに戻ります。

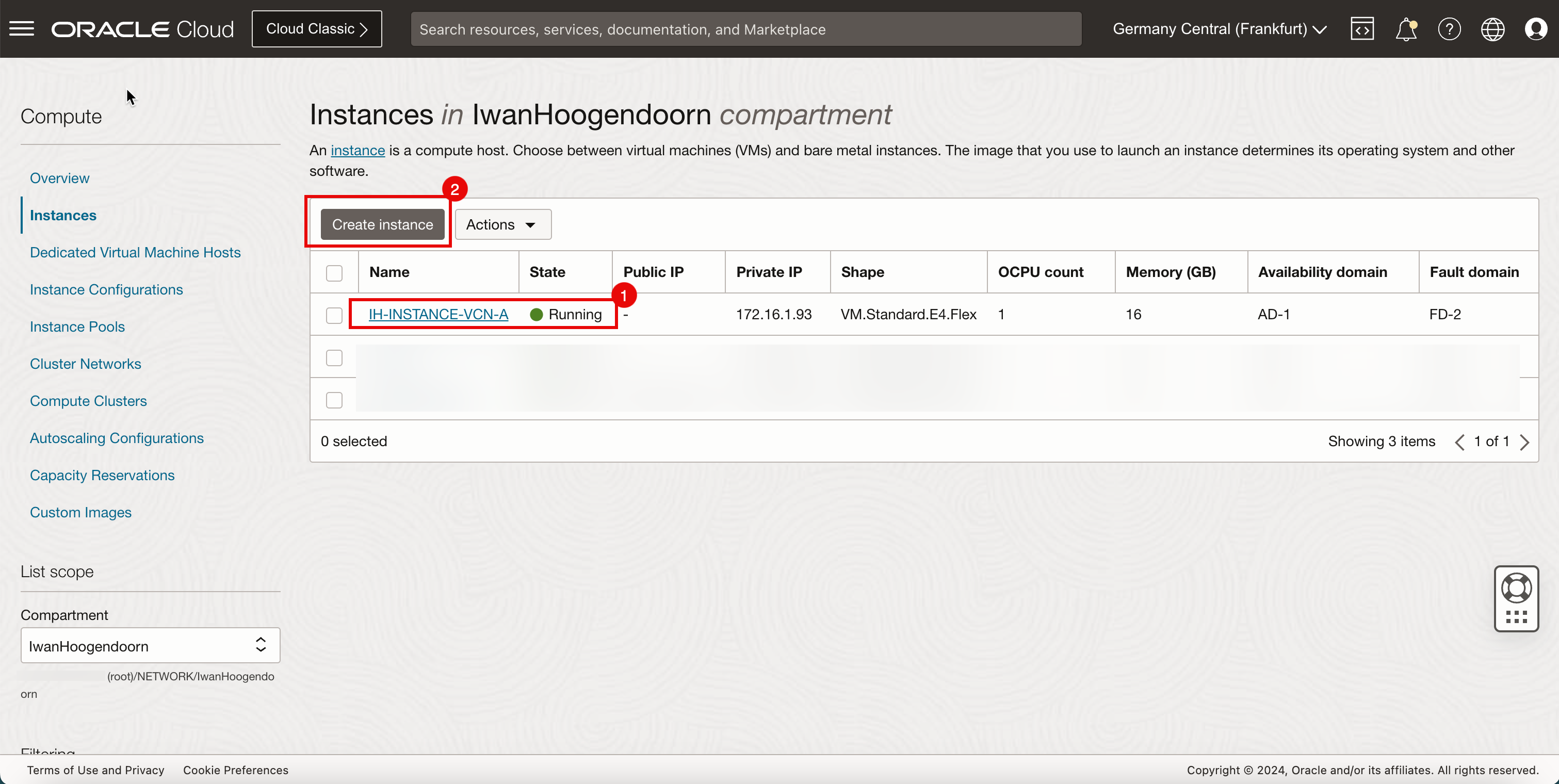

- インスタンスAが実行されていることを確認します。

- 「インスタンスの作成」をクリックして、次のインスタンスを作成します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

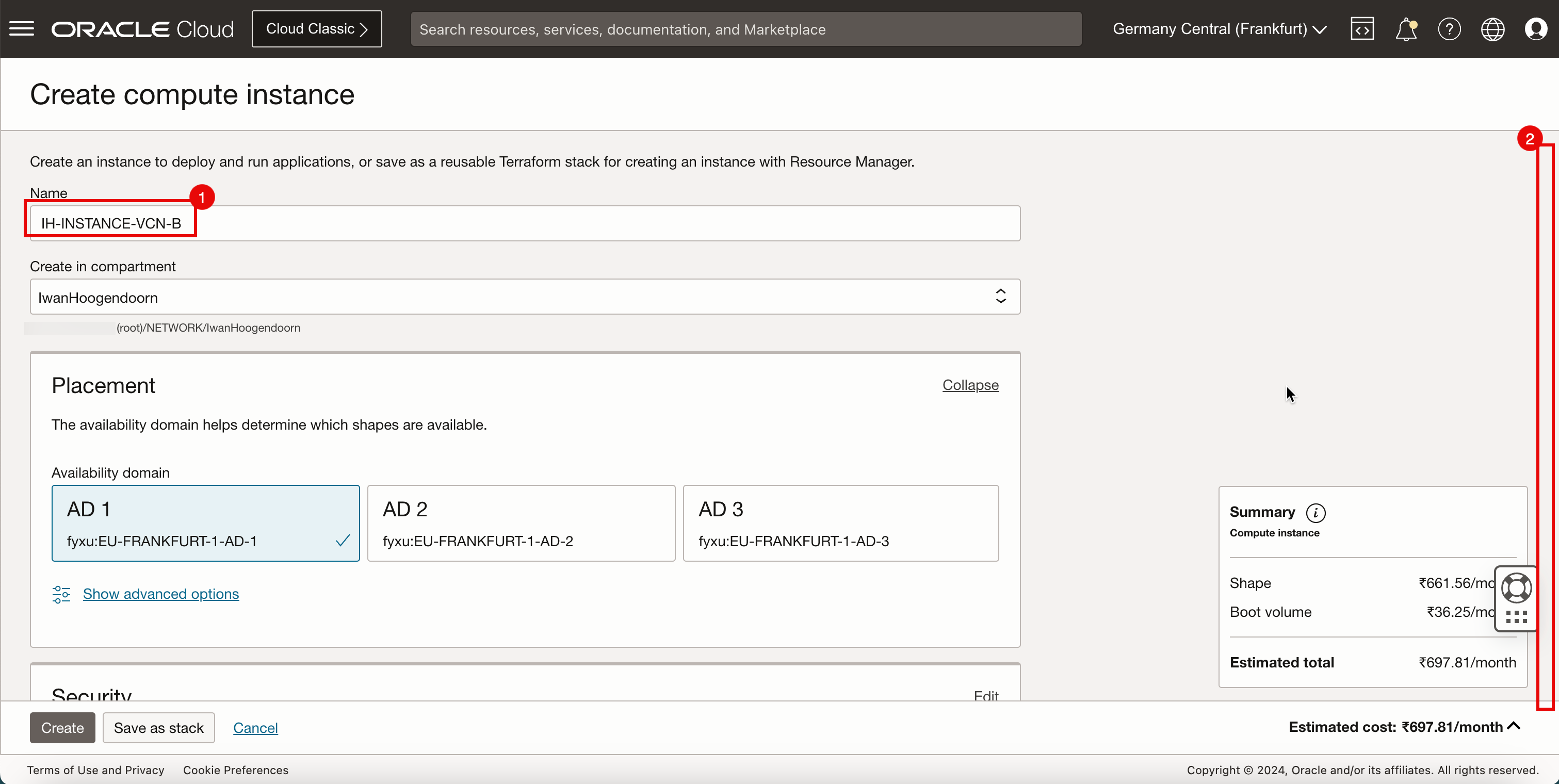

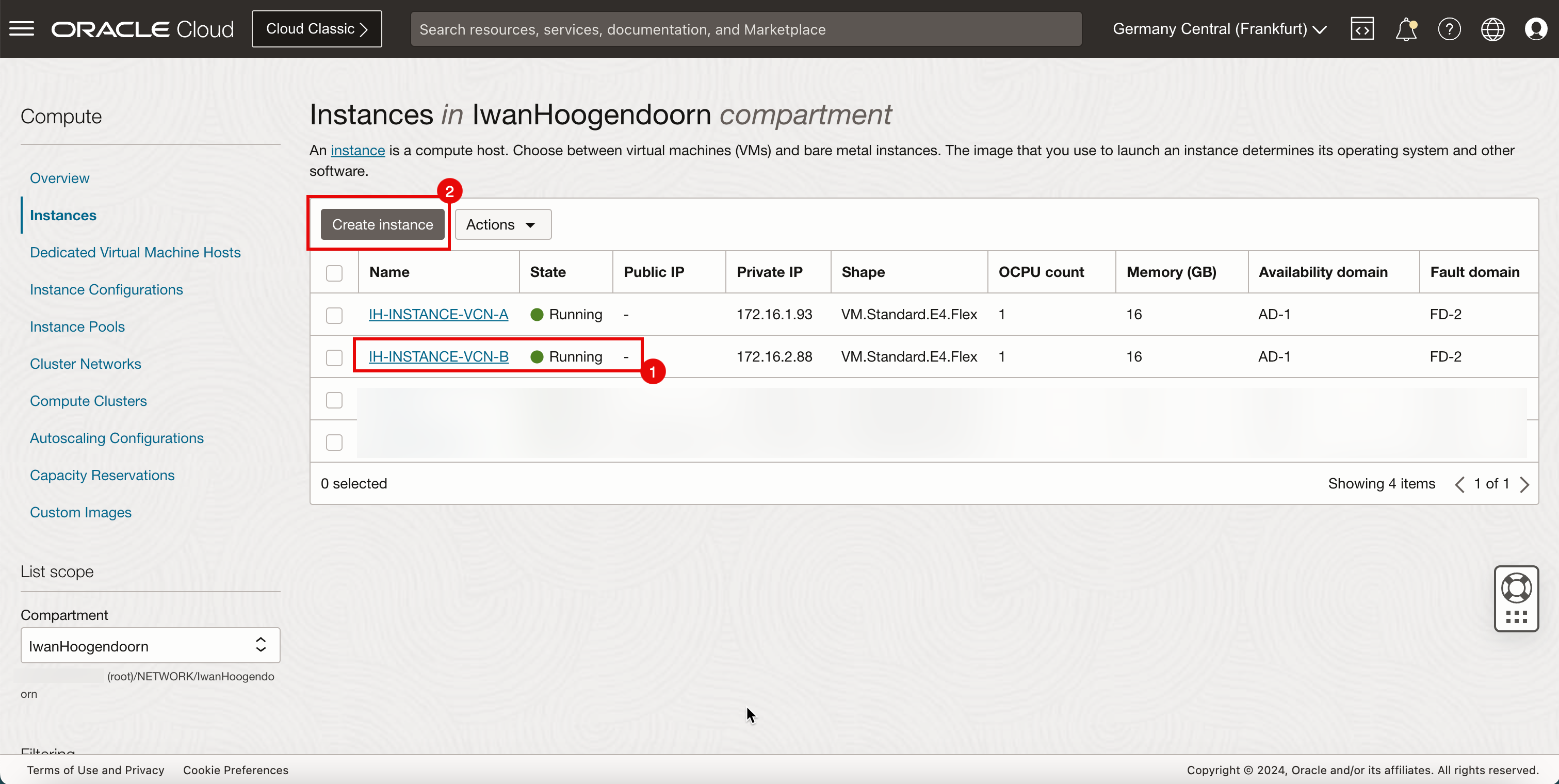

スポークVCN Bでのインスタンスの作成

スポークVCN Bでは、ルーティング・フローのテストに使用できるネットワーク・エンドポイントとして機能する単純なLinuxインスタンスを作成します。

スポークBクライアント・インスタンス

-

インスタンスの作成

- インスタンスの「名前」を入力します。

- 下へスクロール

-

下へスクロール

- 「プライマリ・ネットワーク」で、「既存の仮想クラウド・ネットワークを選択」を選択します。

- VCNで、「SPOKE-VCN-B」を選択します。

- 「サブネット」で、「既存のサブネットを選択」を選択します。

- スポークVCN Bからプライベート・サブネットを選択します。

- 下へスクロール

- 「プライベートIPv4アドレス」で、「プライベートIPv4アドレスの自動割当て」を選択します。

- 下へスクロール

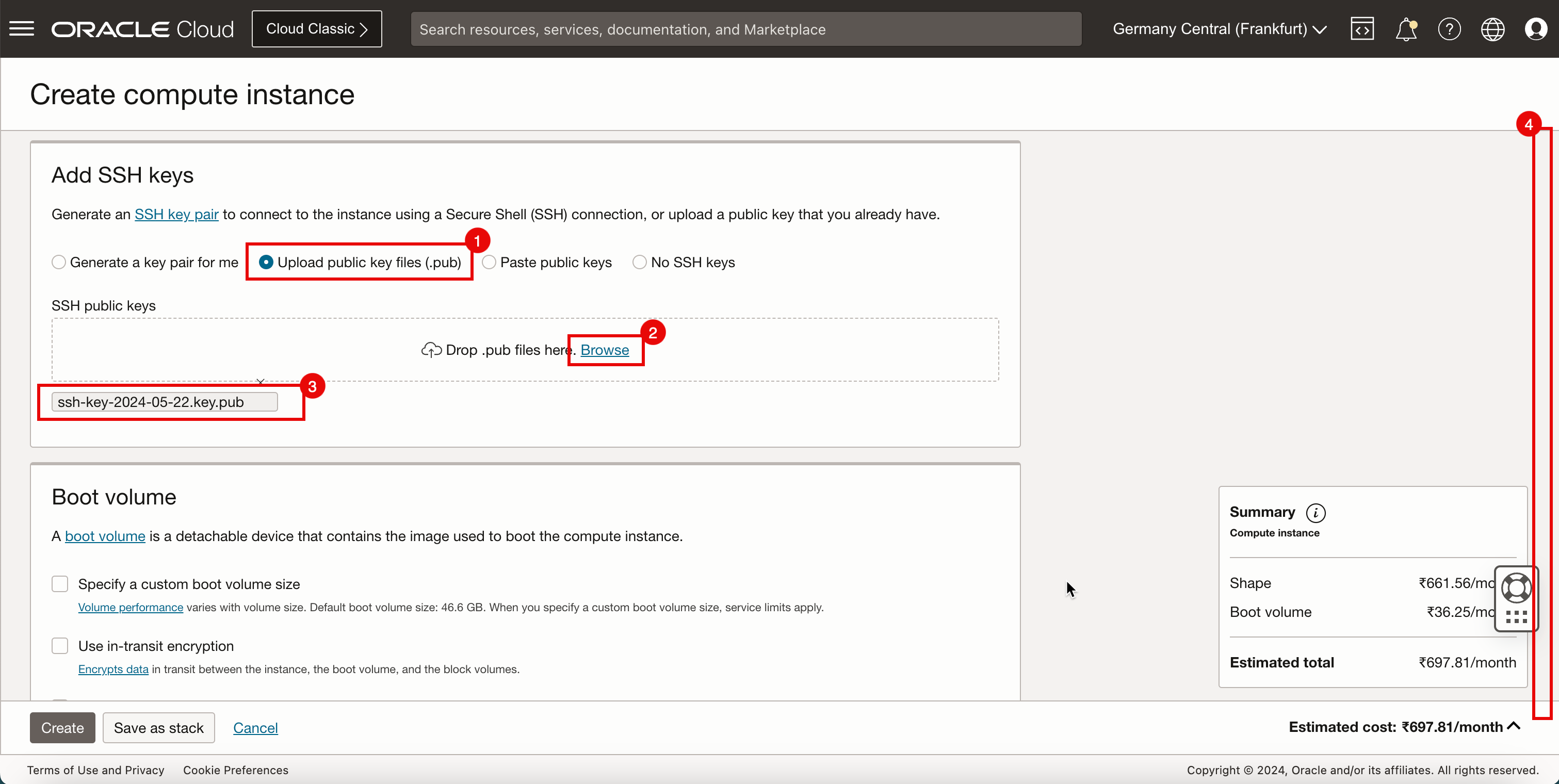

- 公開キー・ファイルをアップロードします。

- 「参照」をクリックします。インスタンスAを作成したときに保存した公開キー・ファイルを選択します。

- 公開鍵が選択されていることを確認します。

- 下へスクロール

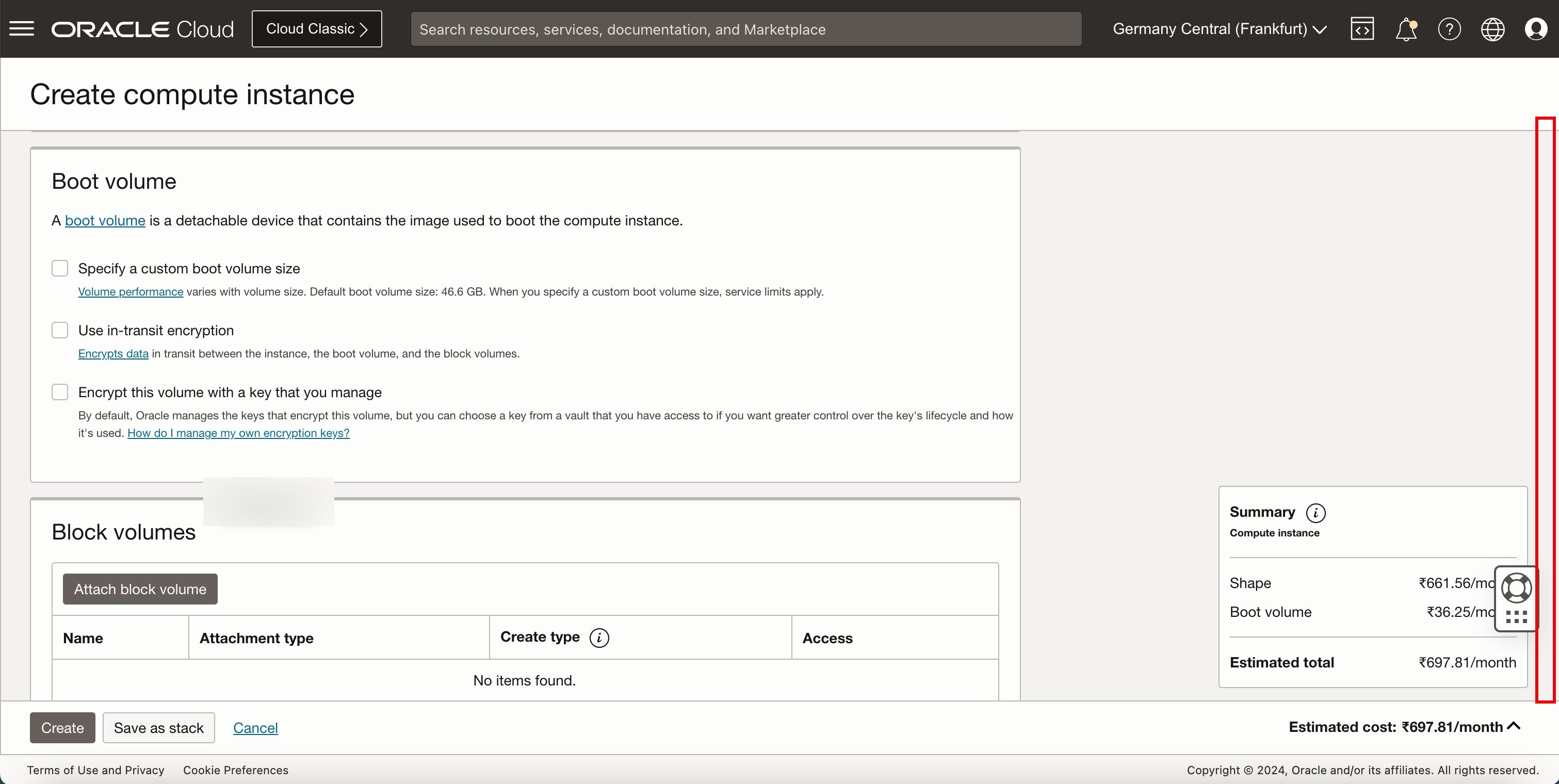

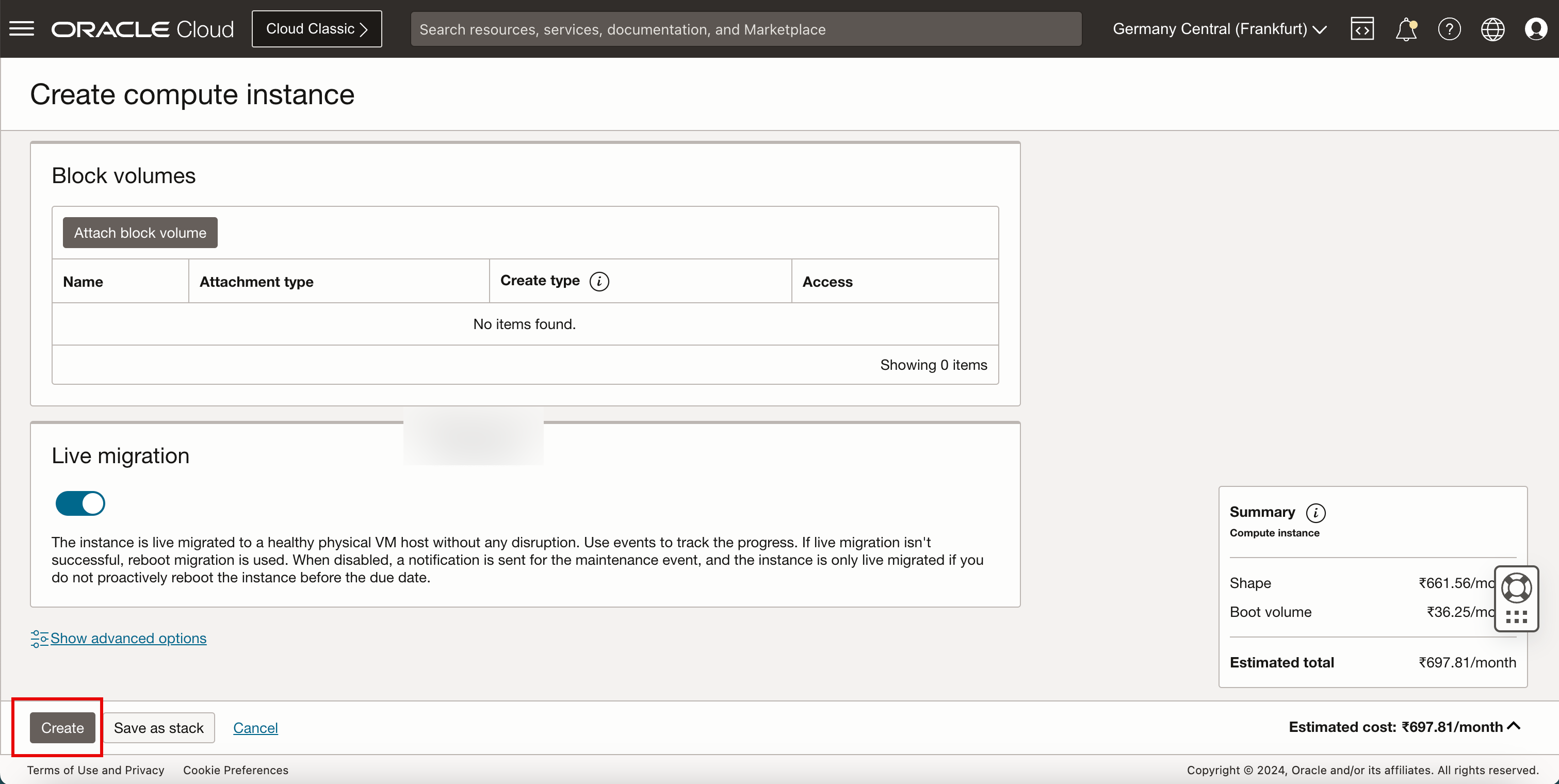

-

下へスクロール

-

「作成」をクリックします。

-

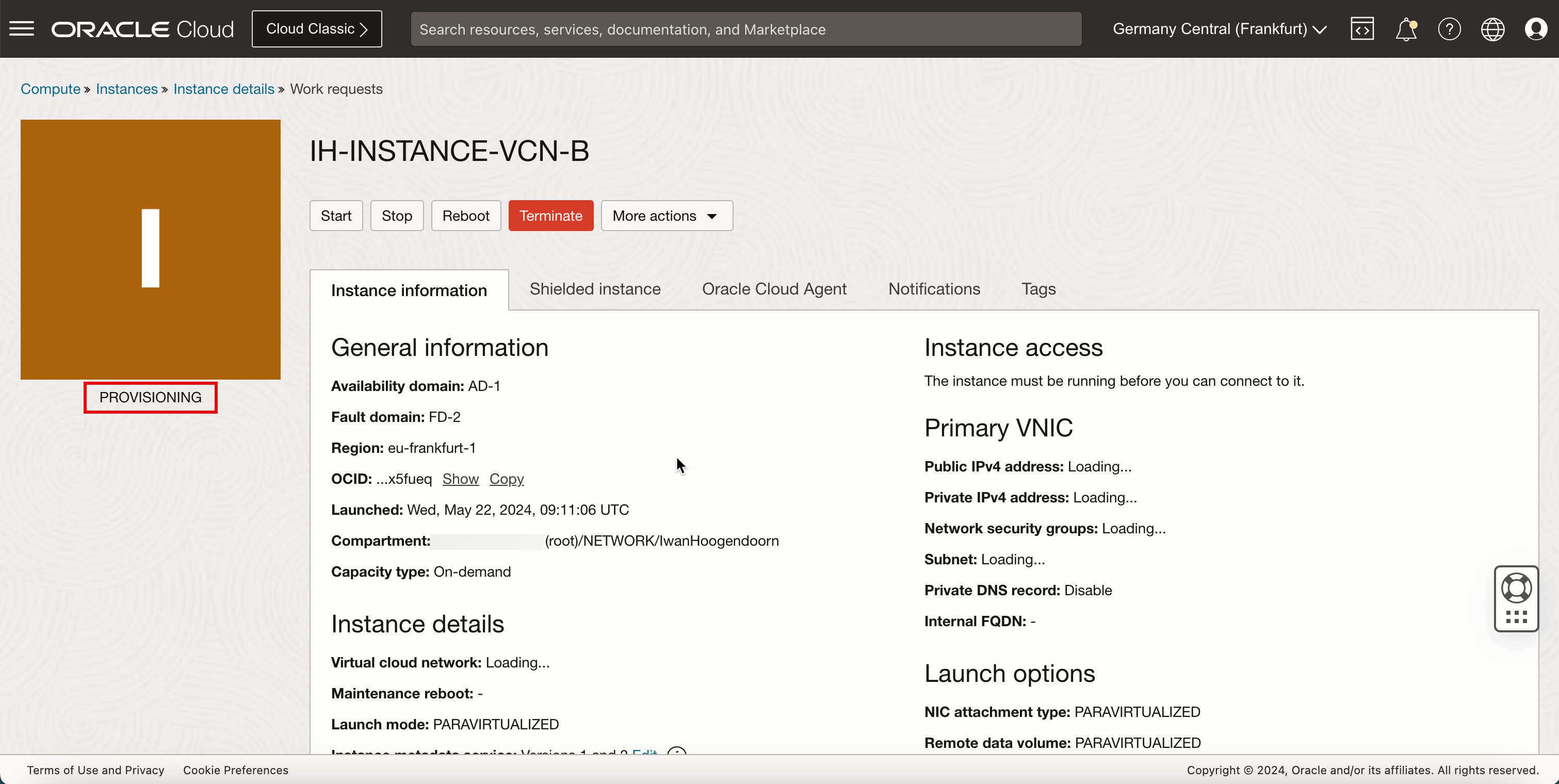

状態が「プロビジョニング中」であることに注意してください。

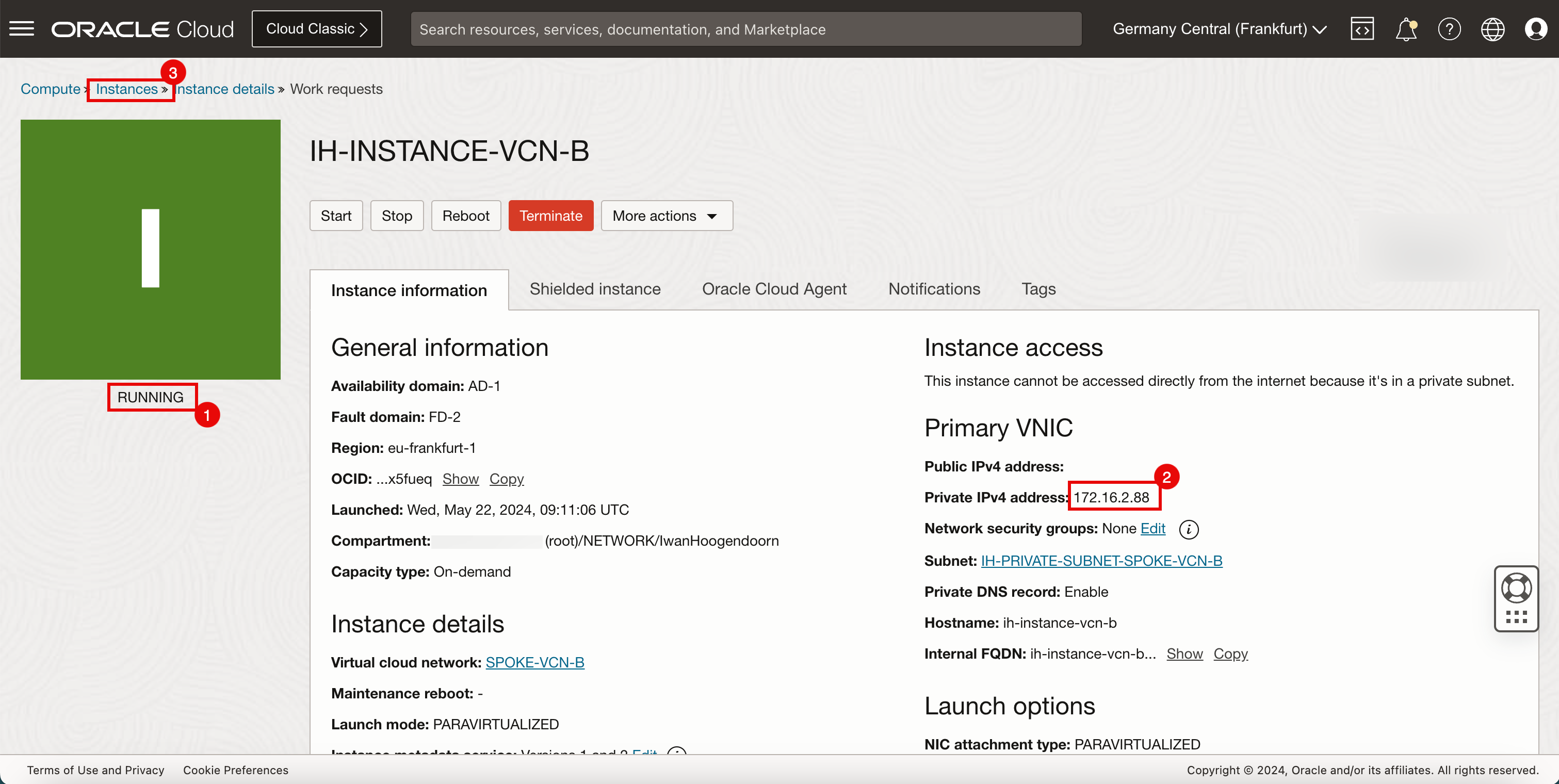

- 状態がRUNNINGに変更されることに注意してください。

- 後のステップで使用するプライベートIPアドレスに注意してください。

- 「インスタンス」をクリックして、インスタンス・ページに戻ります。

- インスタンスBが実行中であることに注意してください。

- 「インスタンスの作成」をクリックして、次のインスタンスを作成します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

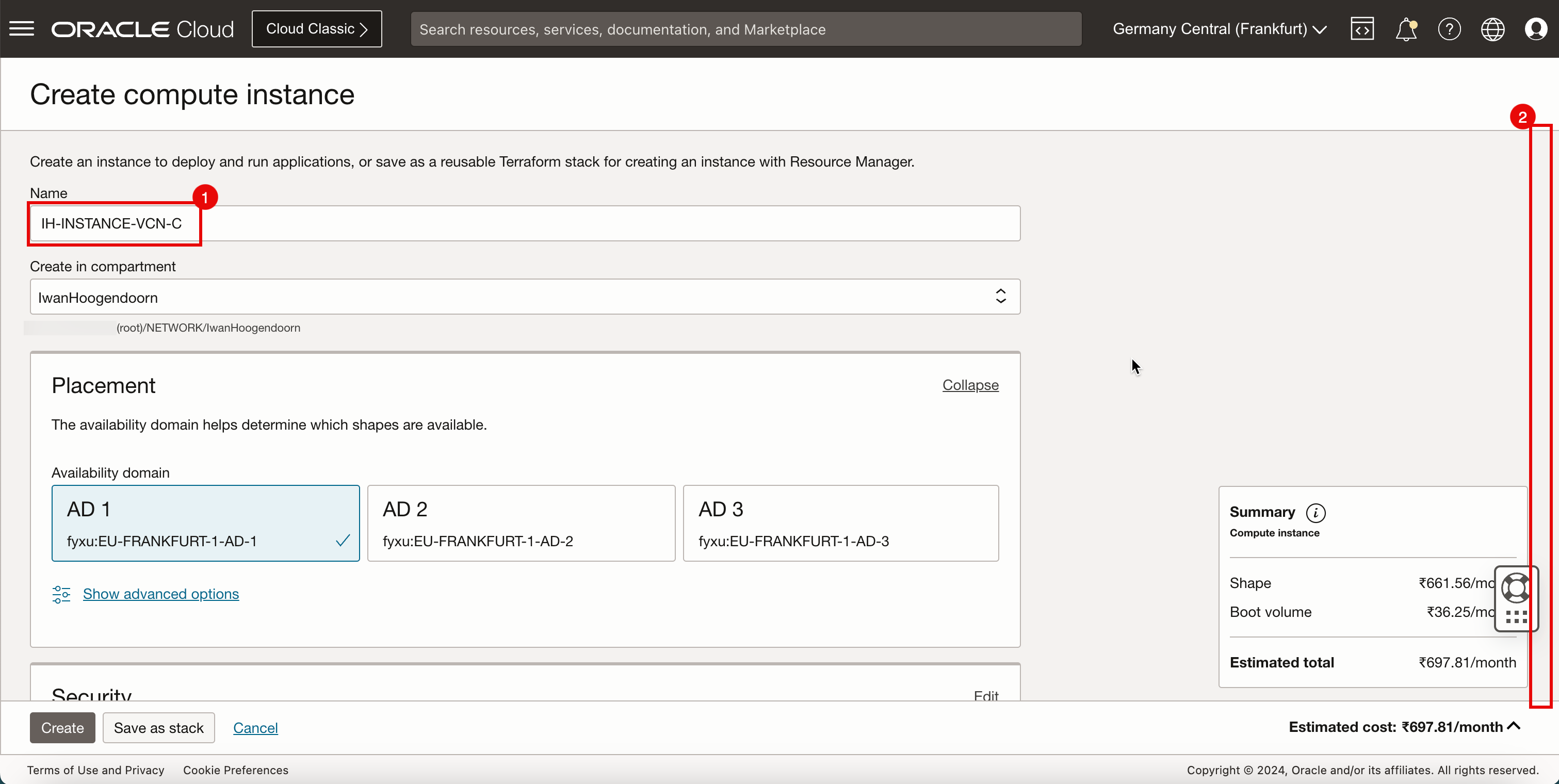

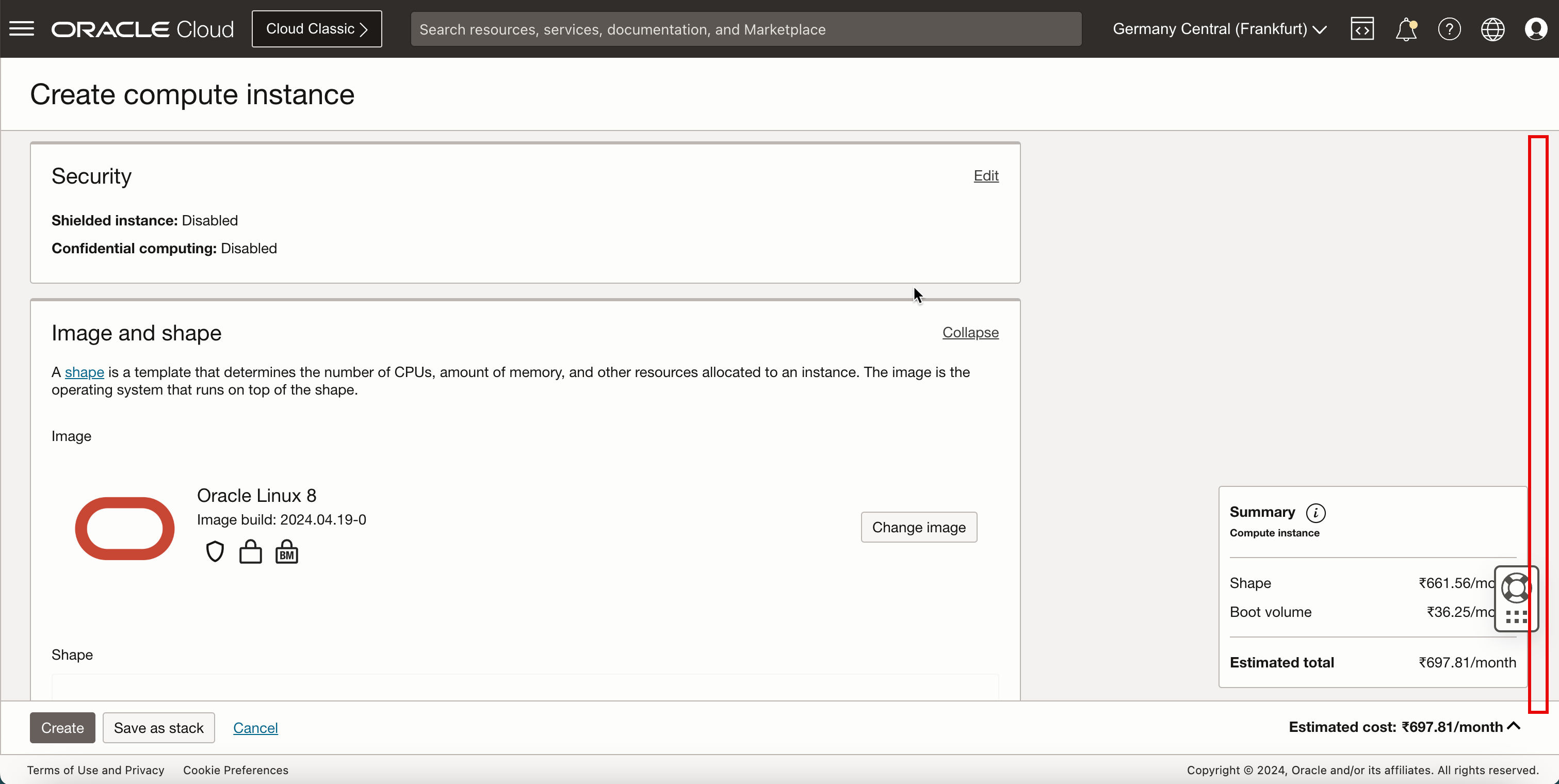

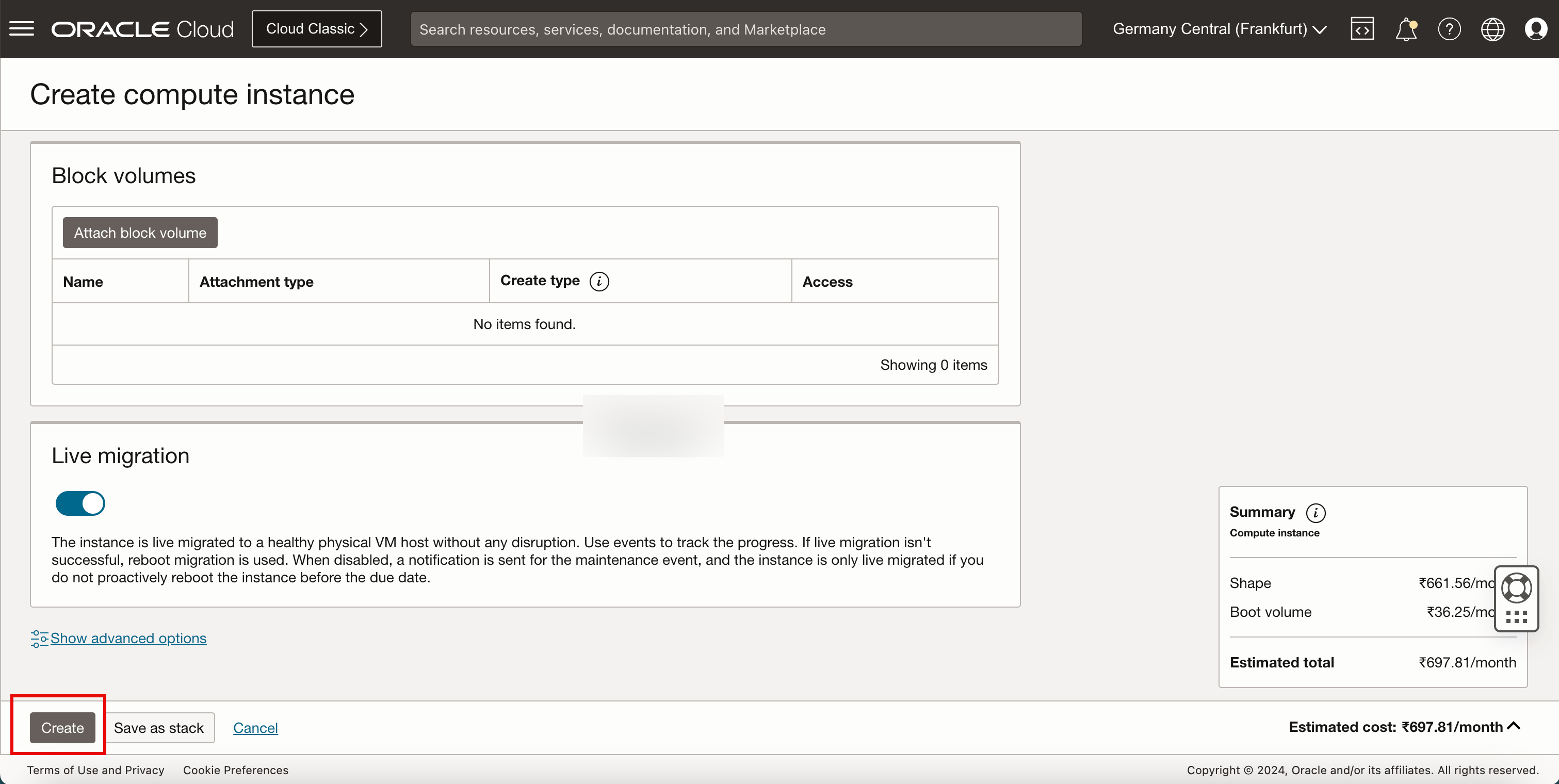

スポークVCN Cでのインスタンスの作成

スポークVCN Cでは、ルーティング・フローのテストに使用できるネットワーク・エンドポイントとして機能する単純なLinuxインスタンスを作成します。

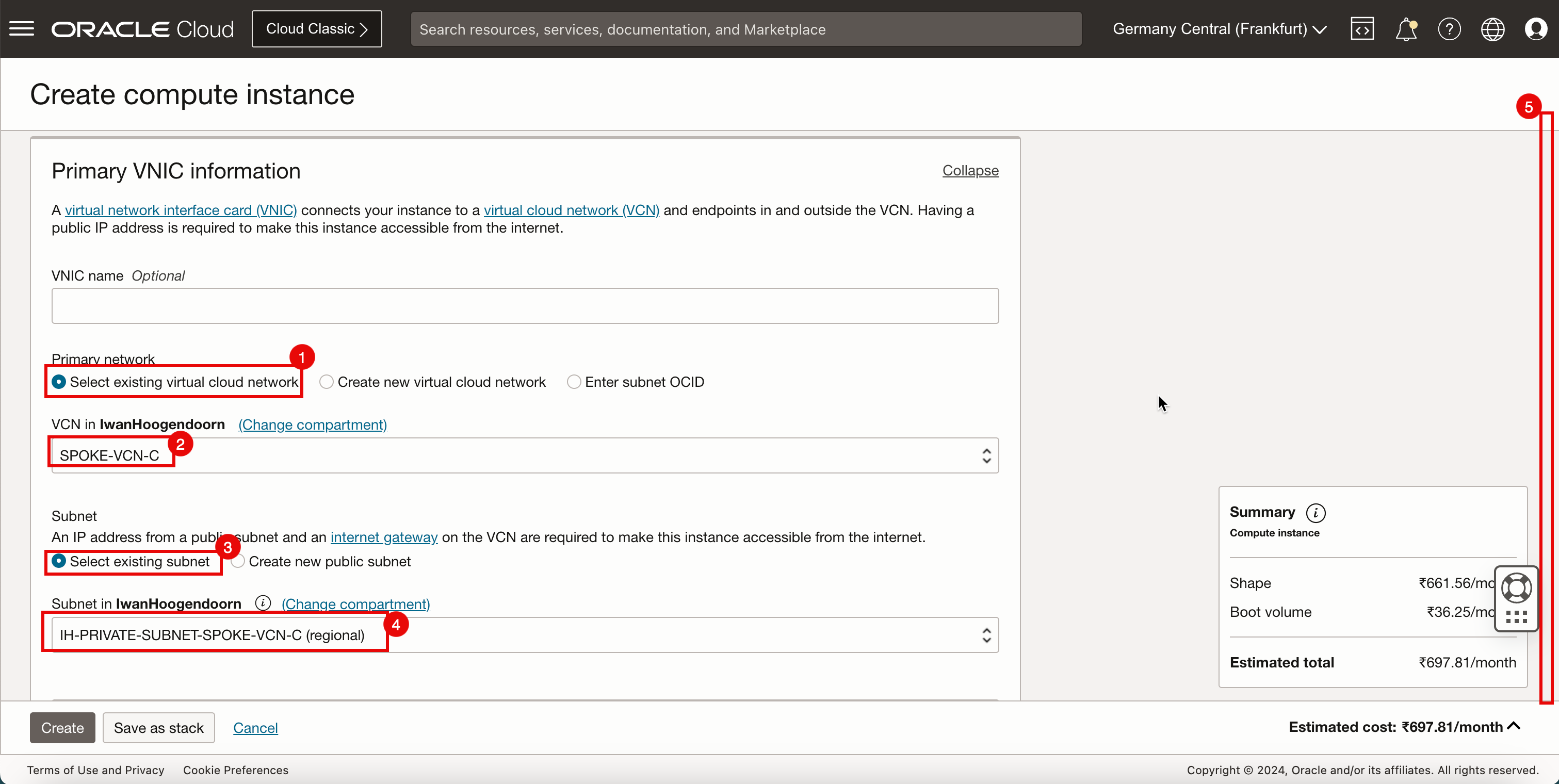

スポークCクライアント・インスタンス

-

インスタンスの作成

- インスタンスの名前を入力します。

- 下へスクロール

-

下へスクロール

- 「プライマリ・ネットワーク」で、「既存の仮想クラウド・ネットワークを選択」を選択します。

- VCNで、「SPOKE-VCN-C」を選択します。

- 「サブネット」で、「既存のサブネットを選択」を選択します。

- スポークVCN Cからプライベート・サブネットを選択します。

- 下へスクロール

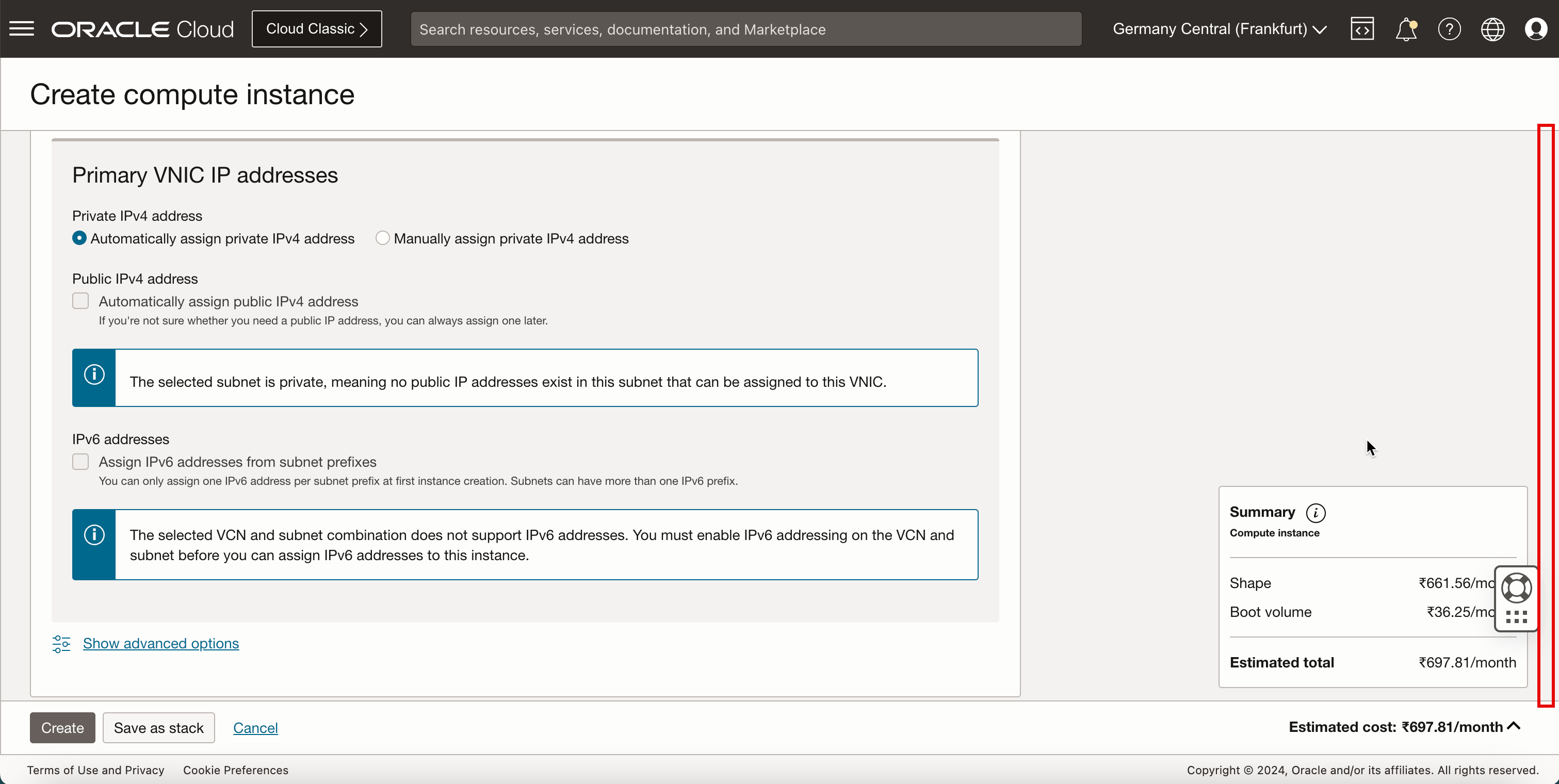

- 「プライベートIPv4アドレス」で、「プライベートIPv4アドレスの自動割当て」を選択します。

- 下へスクロール

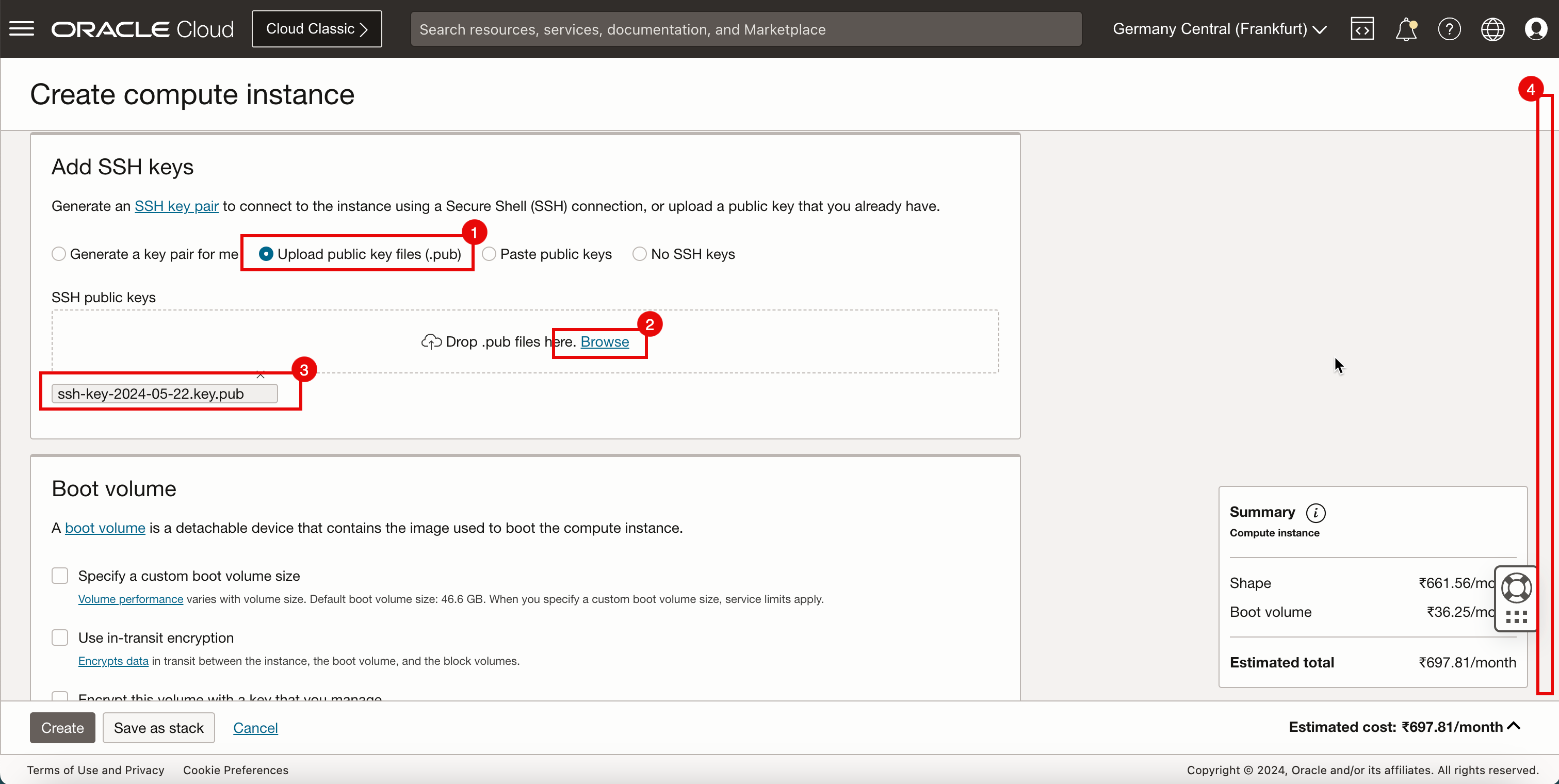

- 公開キー・ファイルをアップロードします。

- 「参照」をクリックします。インスタンスAを作成したときに保存した公開キー・ファイルを選択します。

- 公開キーが選択されていることを確認します

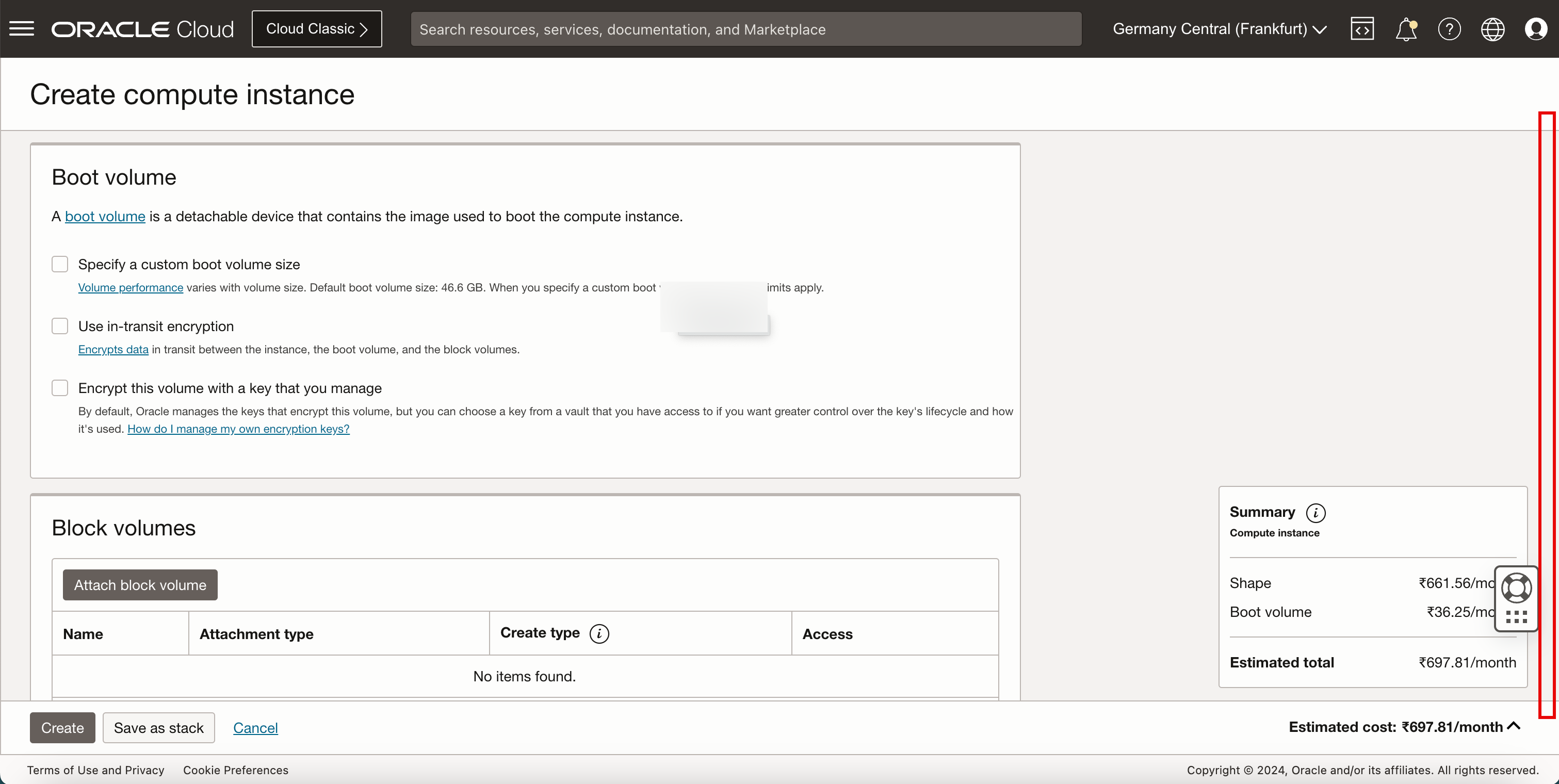

- 下へスクロール

-

下へスクロール

-

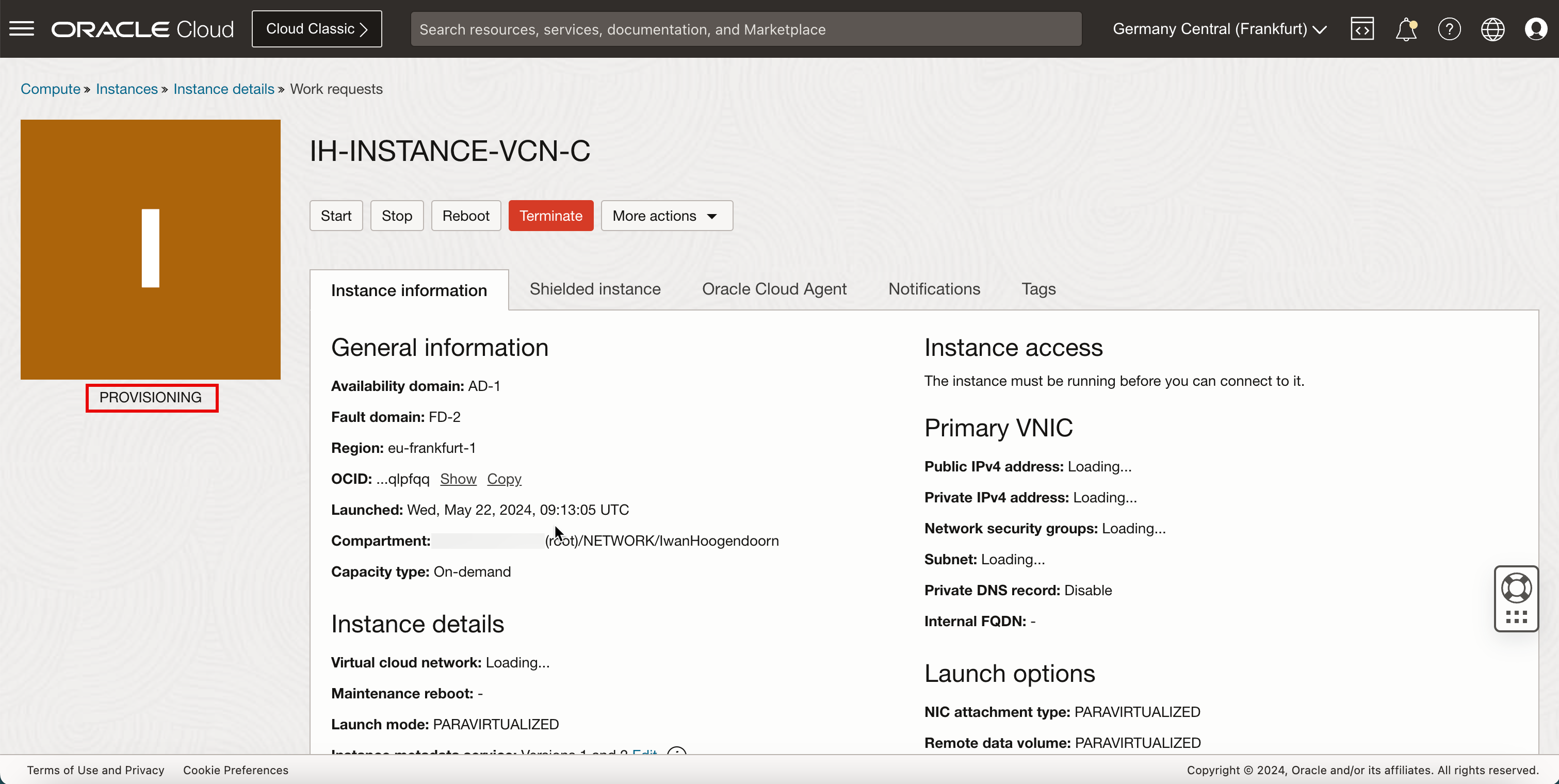

「作成」をクリックします。

-

状態が「プロビジョニング中」であることを確認します。

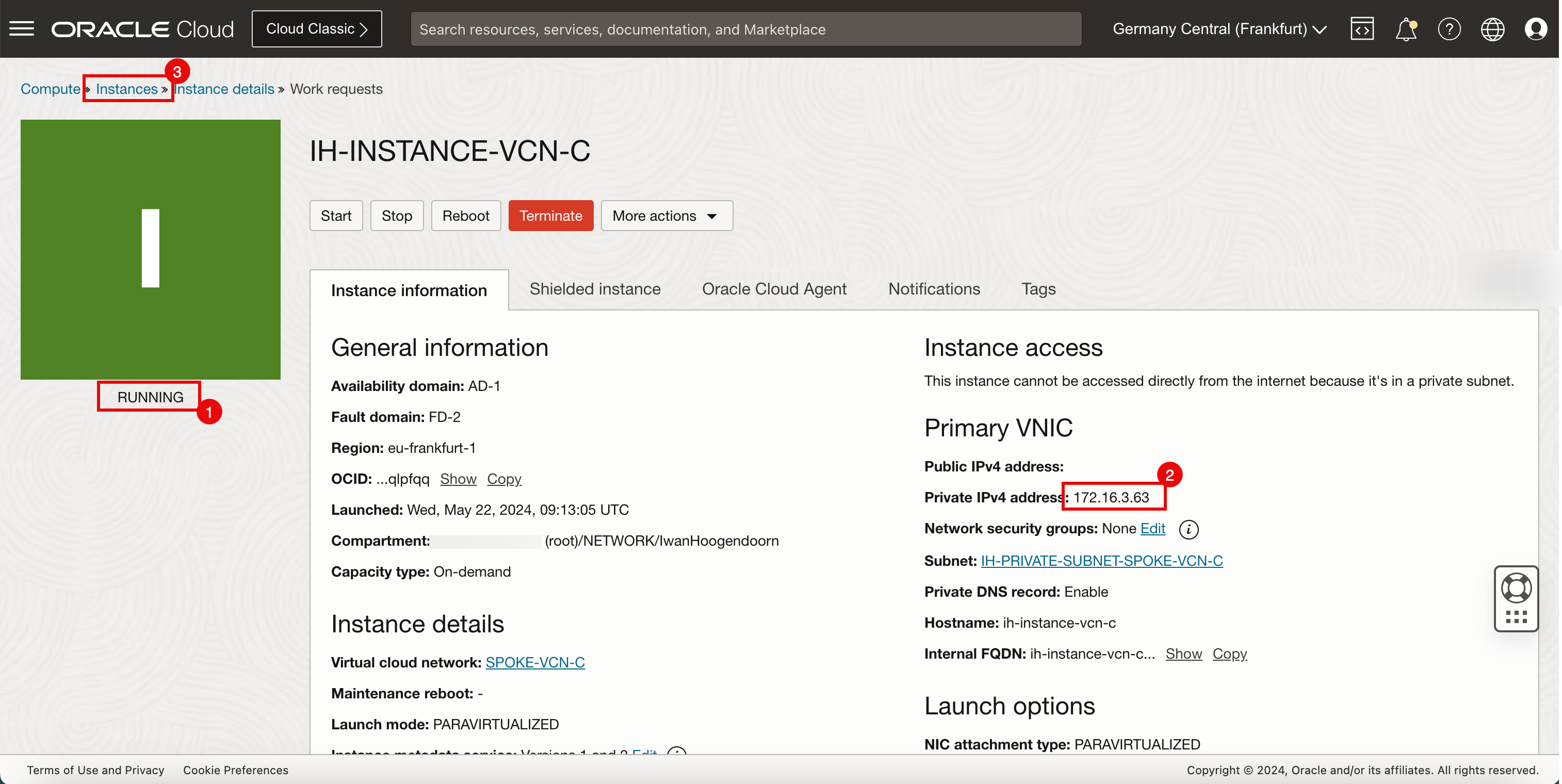

- 状態が「RUNNING」に変更されていることを確認します。

- 後でプライベートIPアドレスを書き留めます。

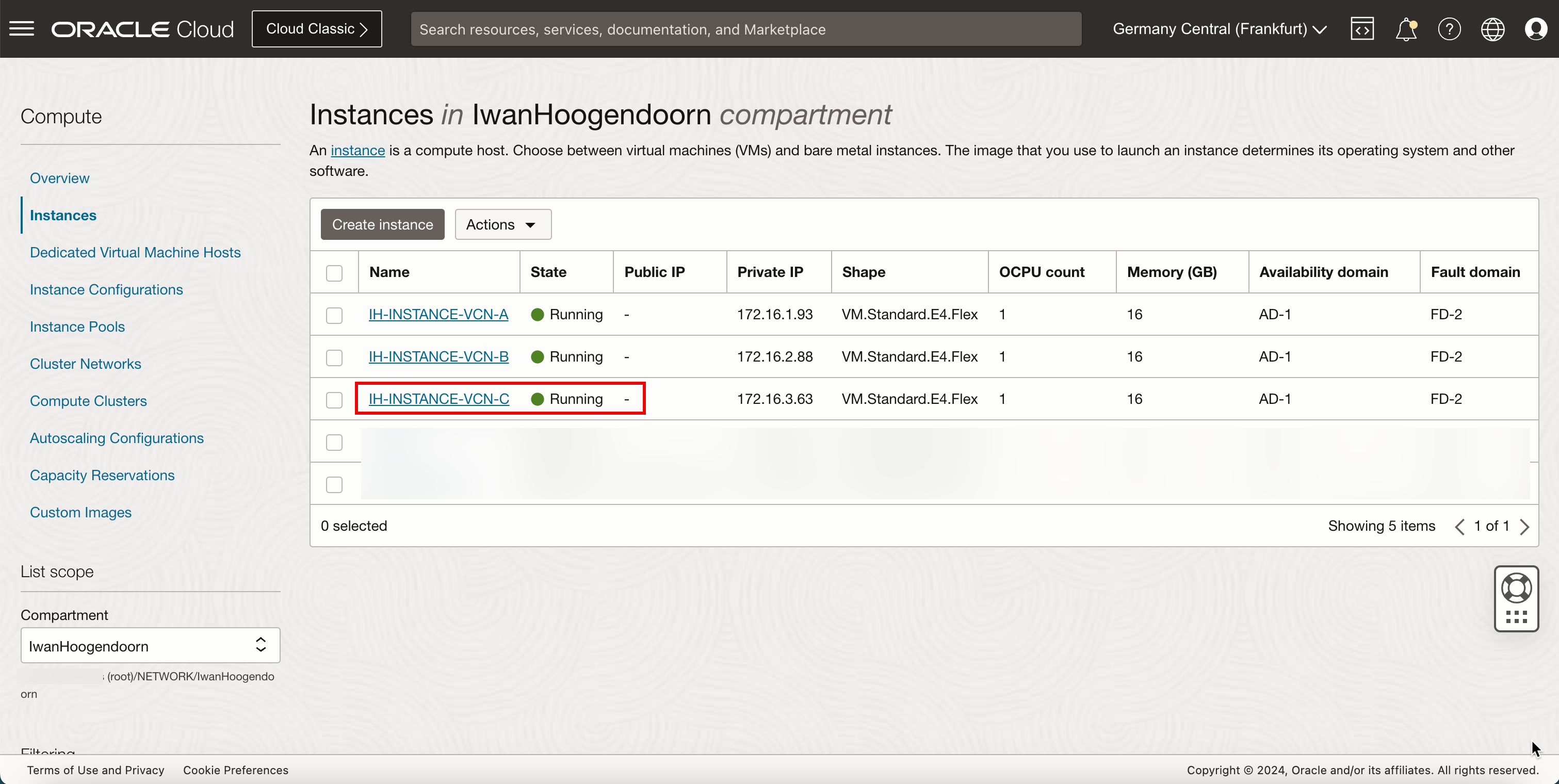

- 「インスタンス」をクリックして、インスタンス・ページに戻ります

-

インスタンスCが実行されていることを確認します。

-

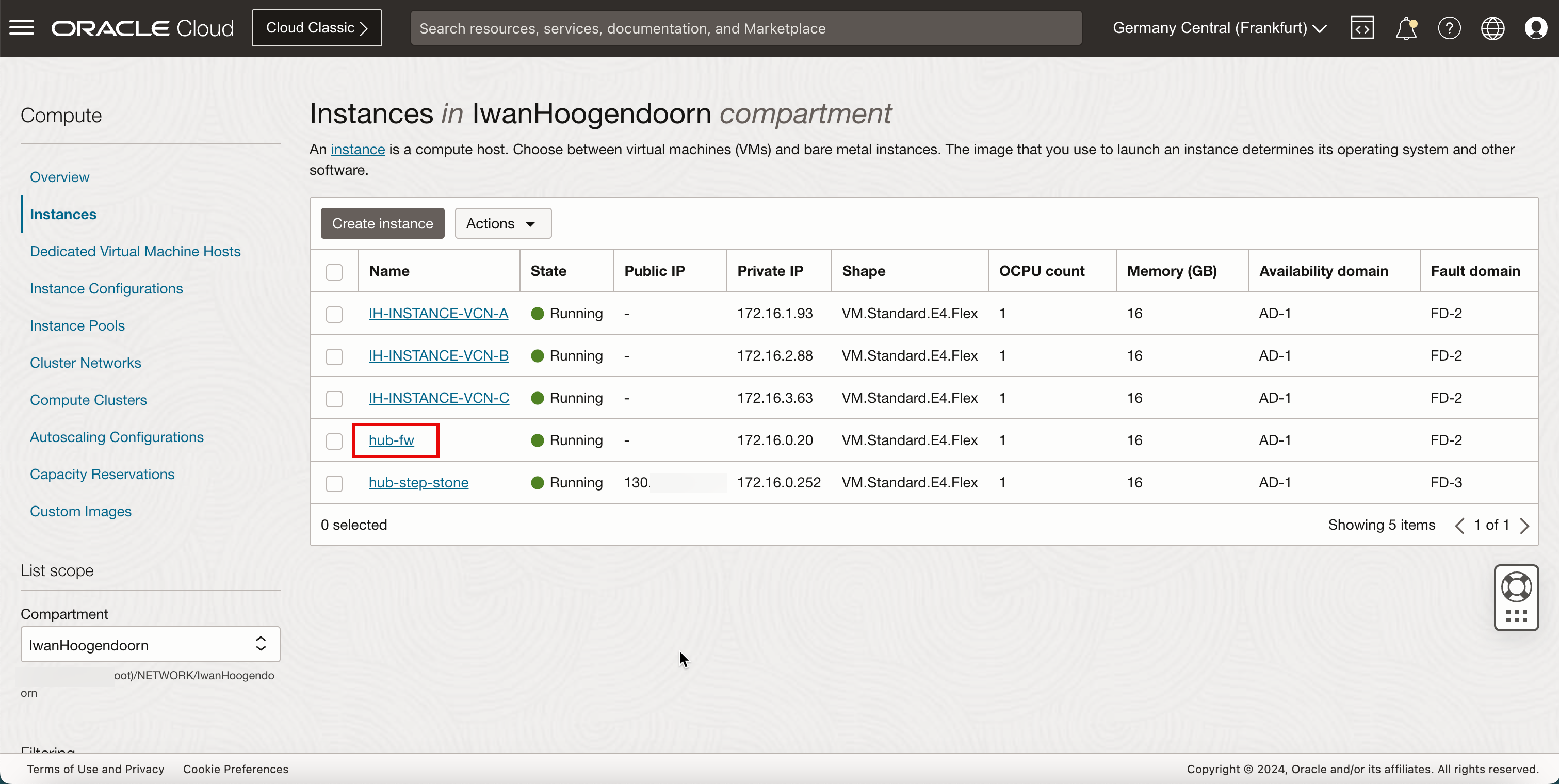

次の図は、これまでに作成したものを視覚的に示したものです。

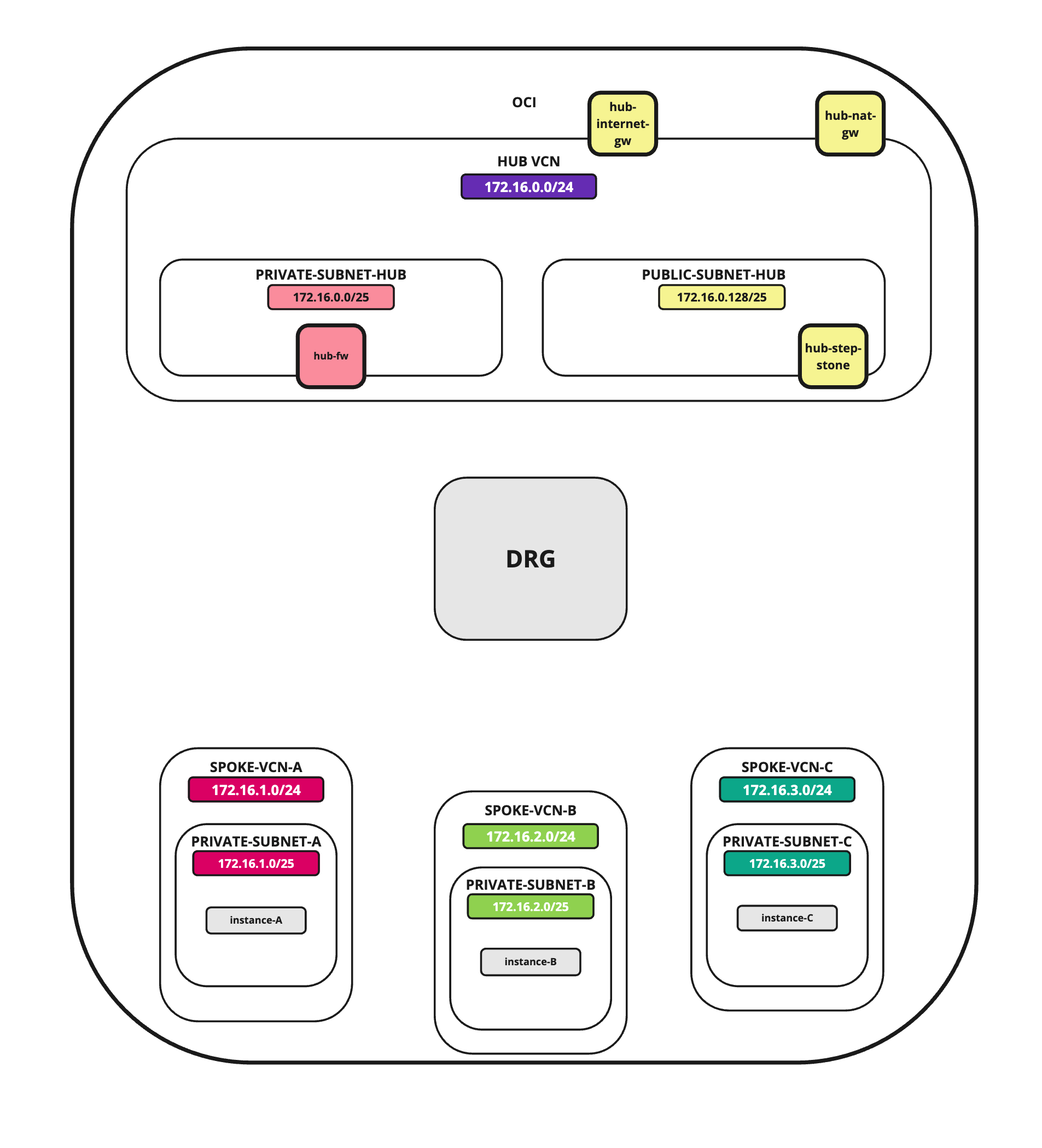

タスク5: ハブVCNへのpfSenseファイアウォール・インスタンスの追加

ネットワーク設定で最後に必要なインスタンスはファイアウォールです。たとえば、OCI Network Firewallのような任意のファイアウォールを使用できます。このチュートリアルでは、pfSenseファイアウォールを使用します。

OCI環境内でファイアウォールとして機能するpfSenseインスタンス(hub-fw)を作成するには、このチュートリアルを使用します。

ノート:チュートリアルを続行する前に、pfSenseインスタンスを作成します。

次の図は、これまでに作成したものを視覚的に示したものです。

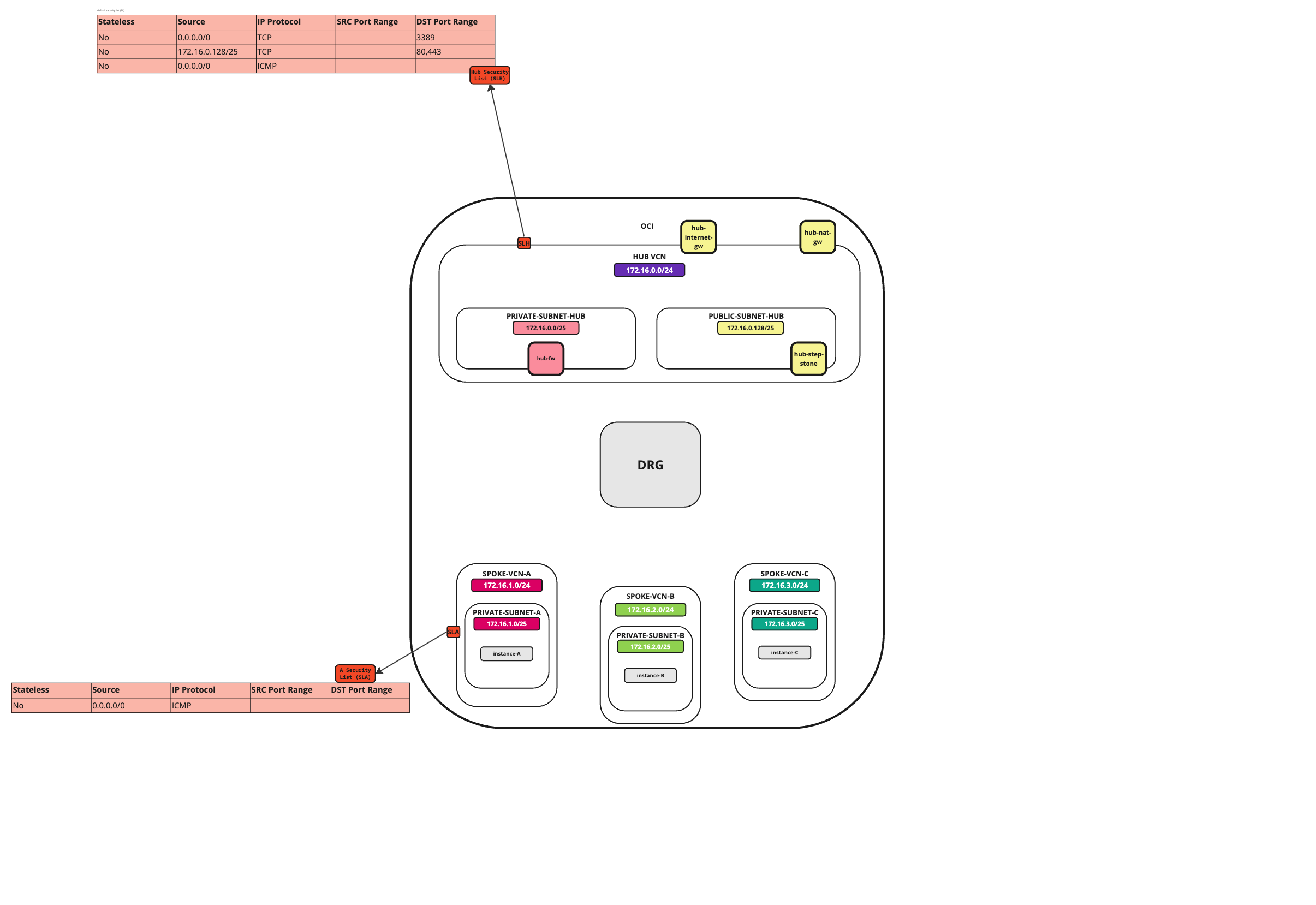

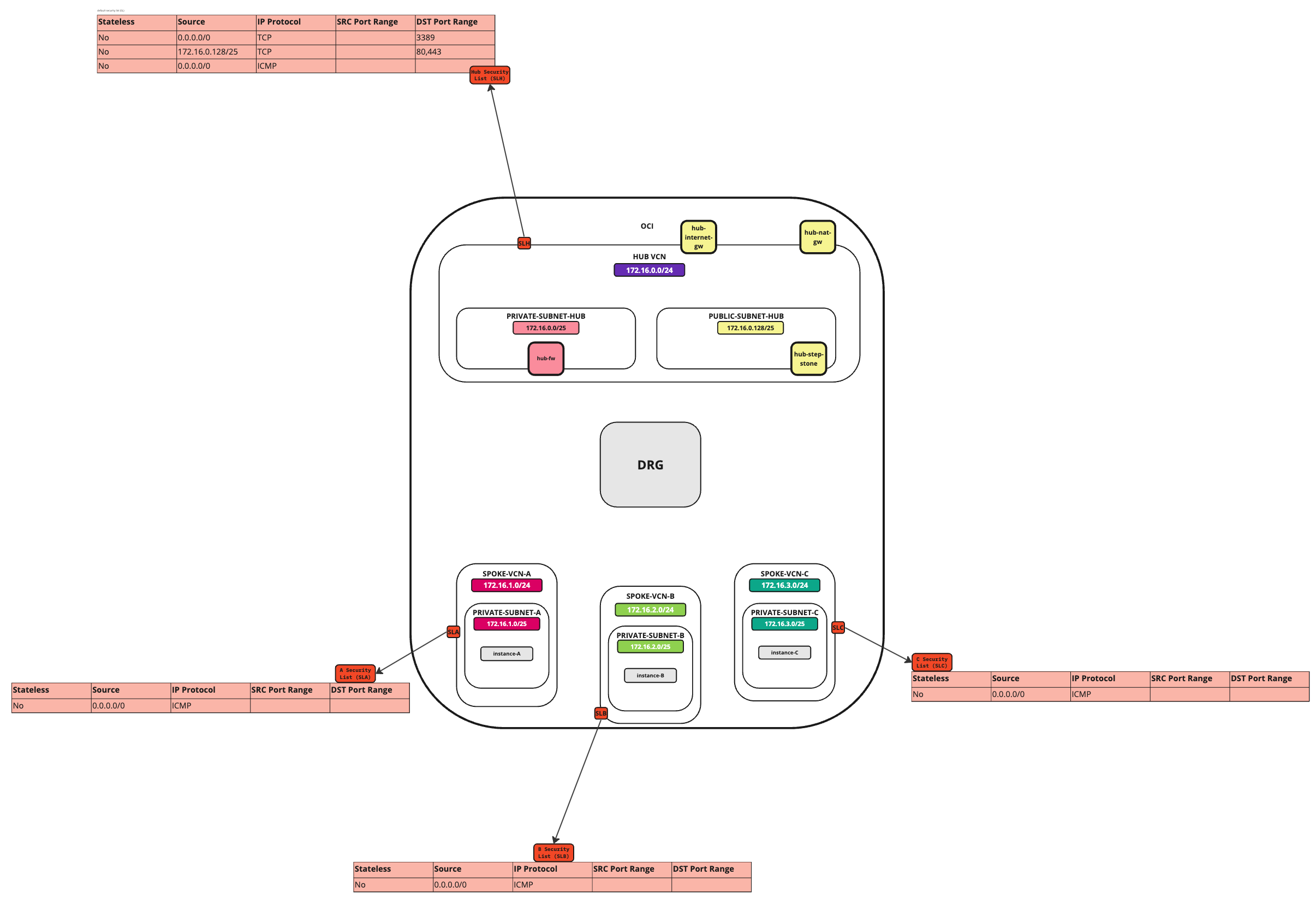

タスク6: セキュリティ・リストでのファイアウォール・ルールのオープン

OCI環境には、ネットワーク・セキュリティの複数のレイヤーがあります。デフォルトでは、ほとんどのプロトコルおよびポートで、すべてのイングレス・ネットワーク・トラフィックがブロックされます。pingによるテストを可能にするために、ハブおよびスポークVCN上のICMPポートを開き、VCNに入ってくるすべてのICMPトラフィックを許可できるようにします。

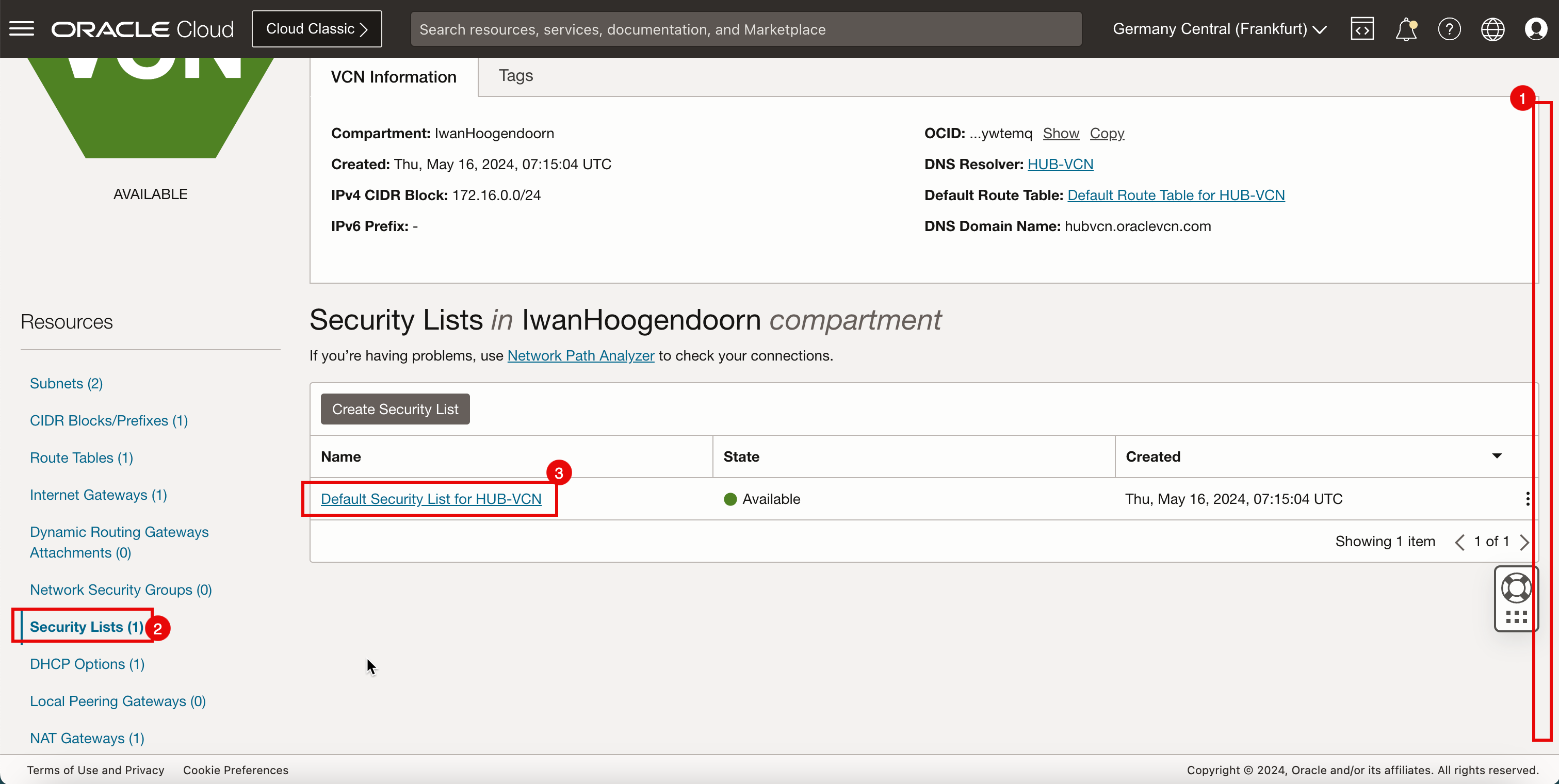

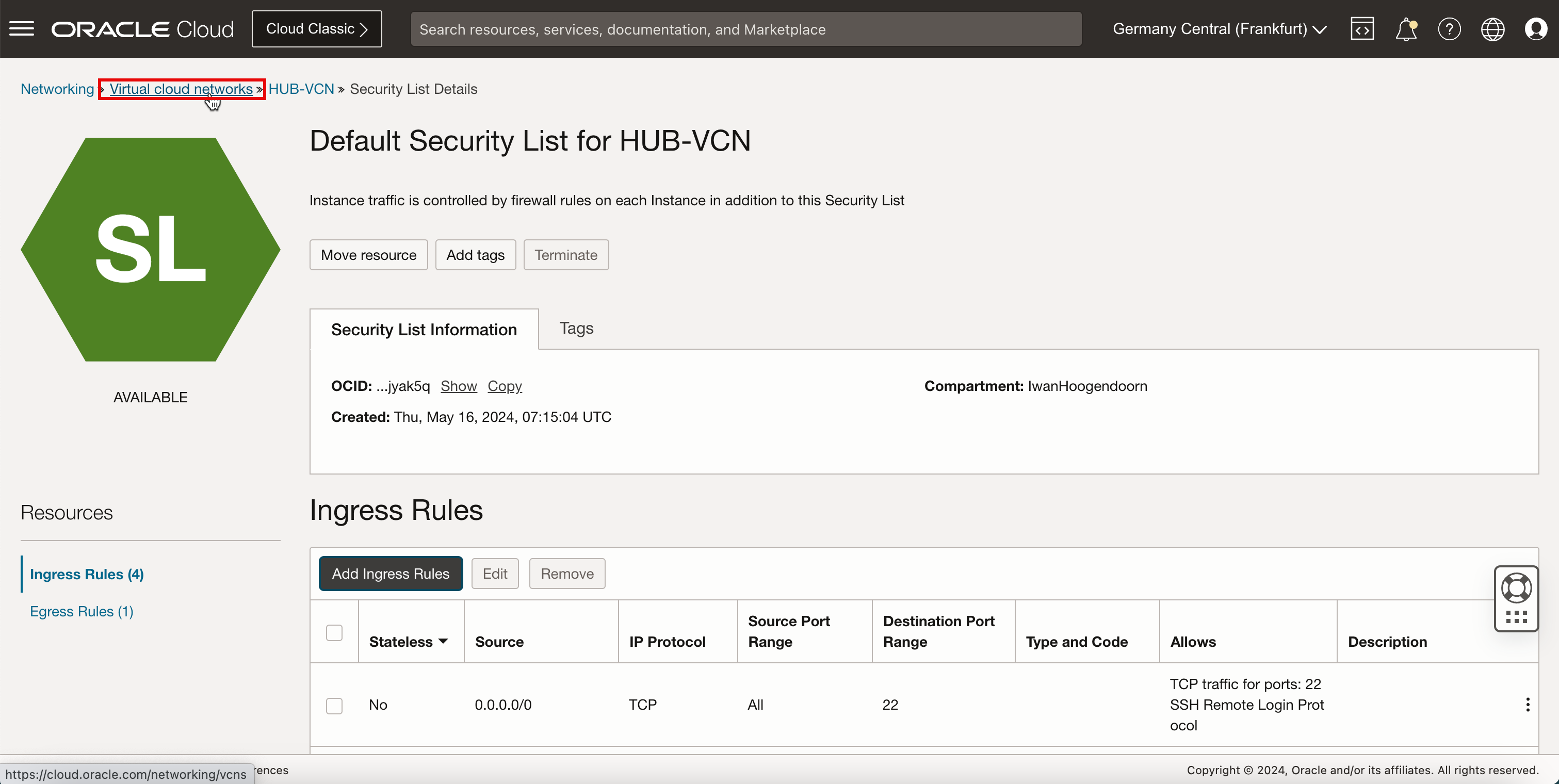

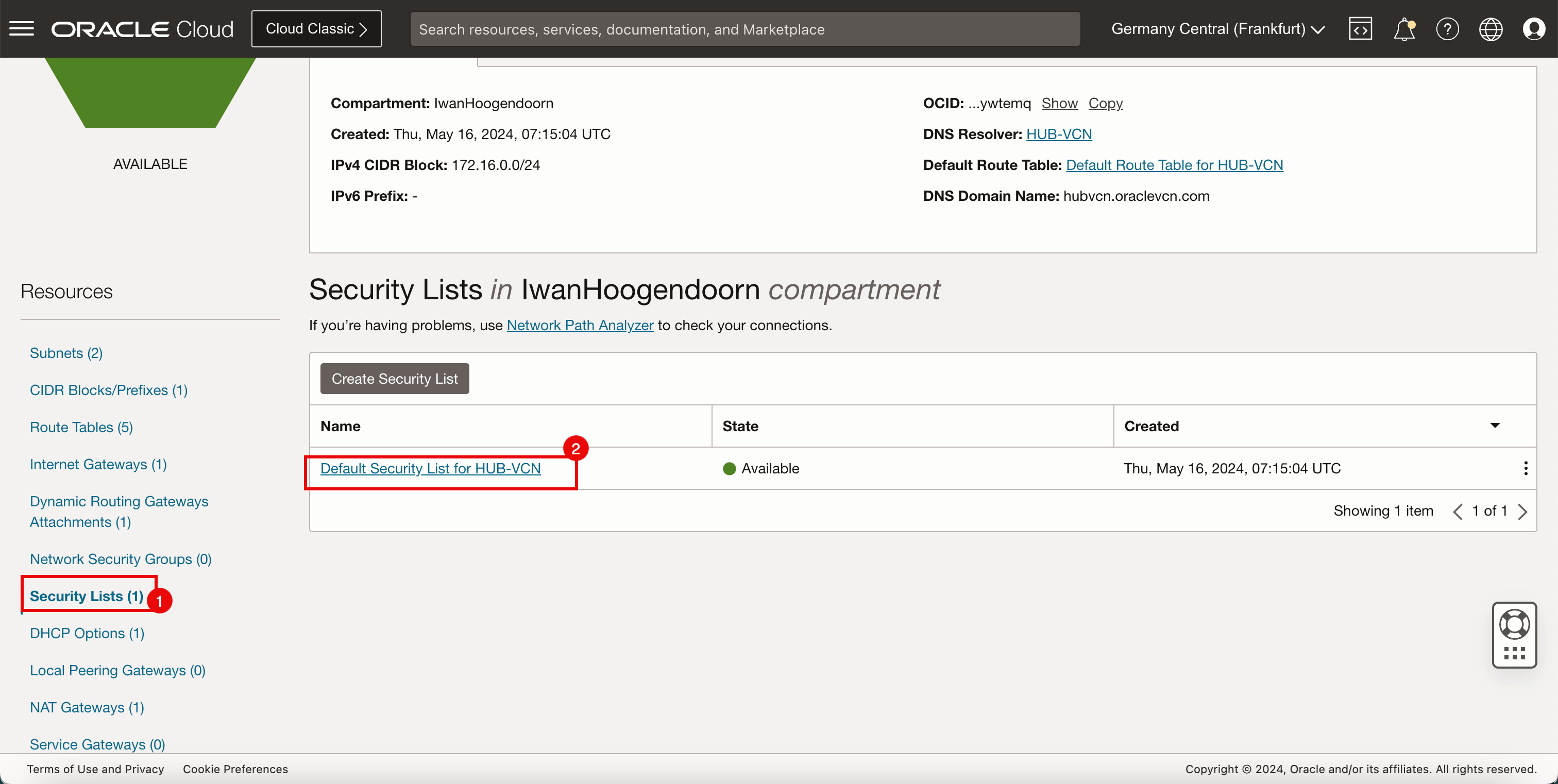

ハブVCNでのイングレス・ルールの追加

-

OCIコンソールに移動します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「Virtual Cloud Networks」をクリックするか、「ネットワーキング」および「Virtual Cloud Networks」に移動します。

-

pfSenseファイアウォールがアタッチされているハブVCNを選択します。

- 下へスクロール

- 「セキュリティ・リスト」をクリックします。

- 「HUB-VCNのデフォルト・セキュリティ・リスト」をクリックします。

-

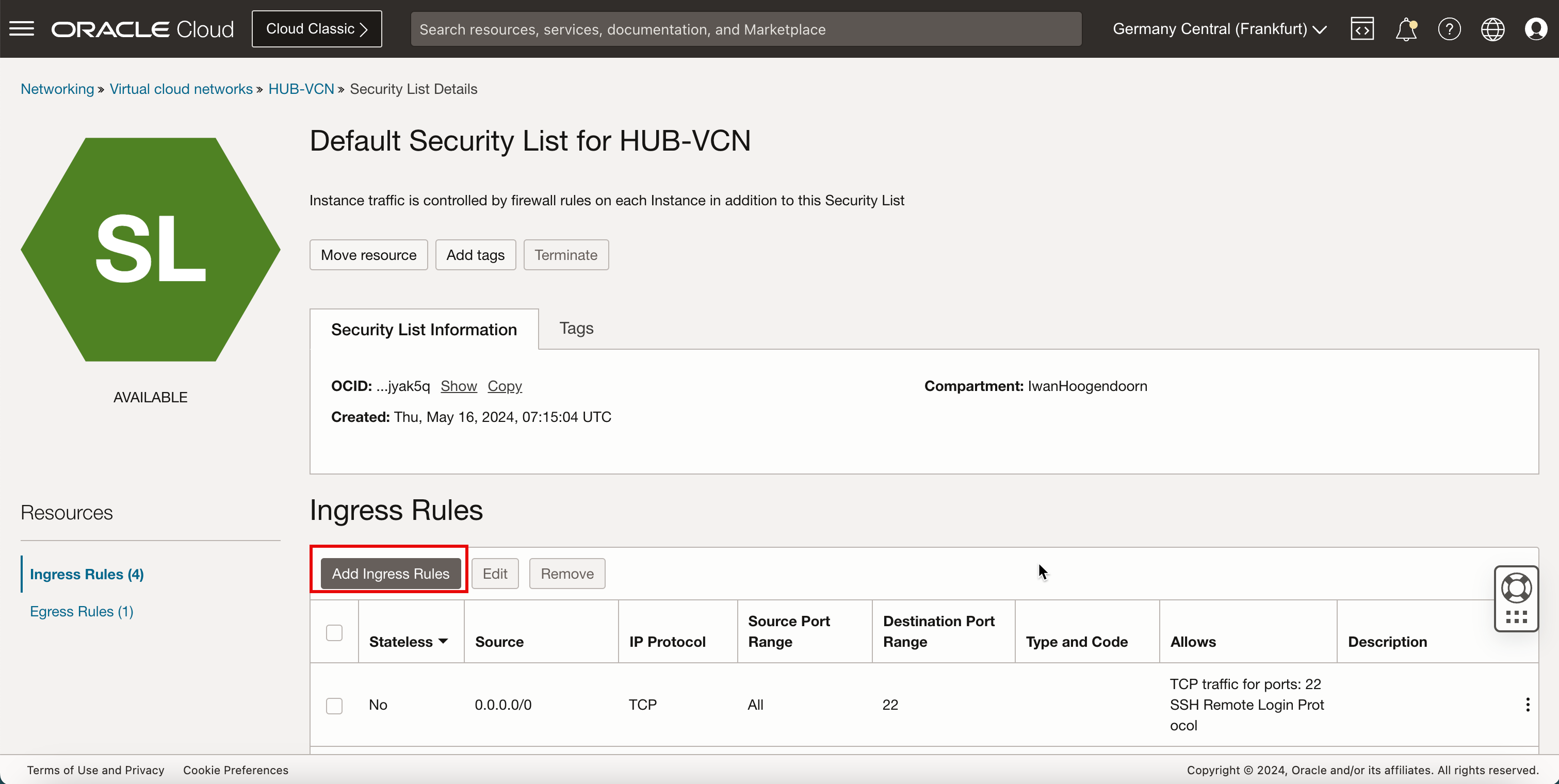

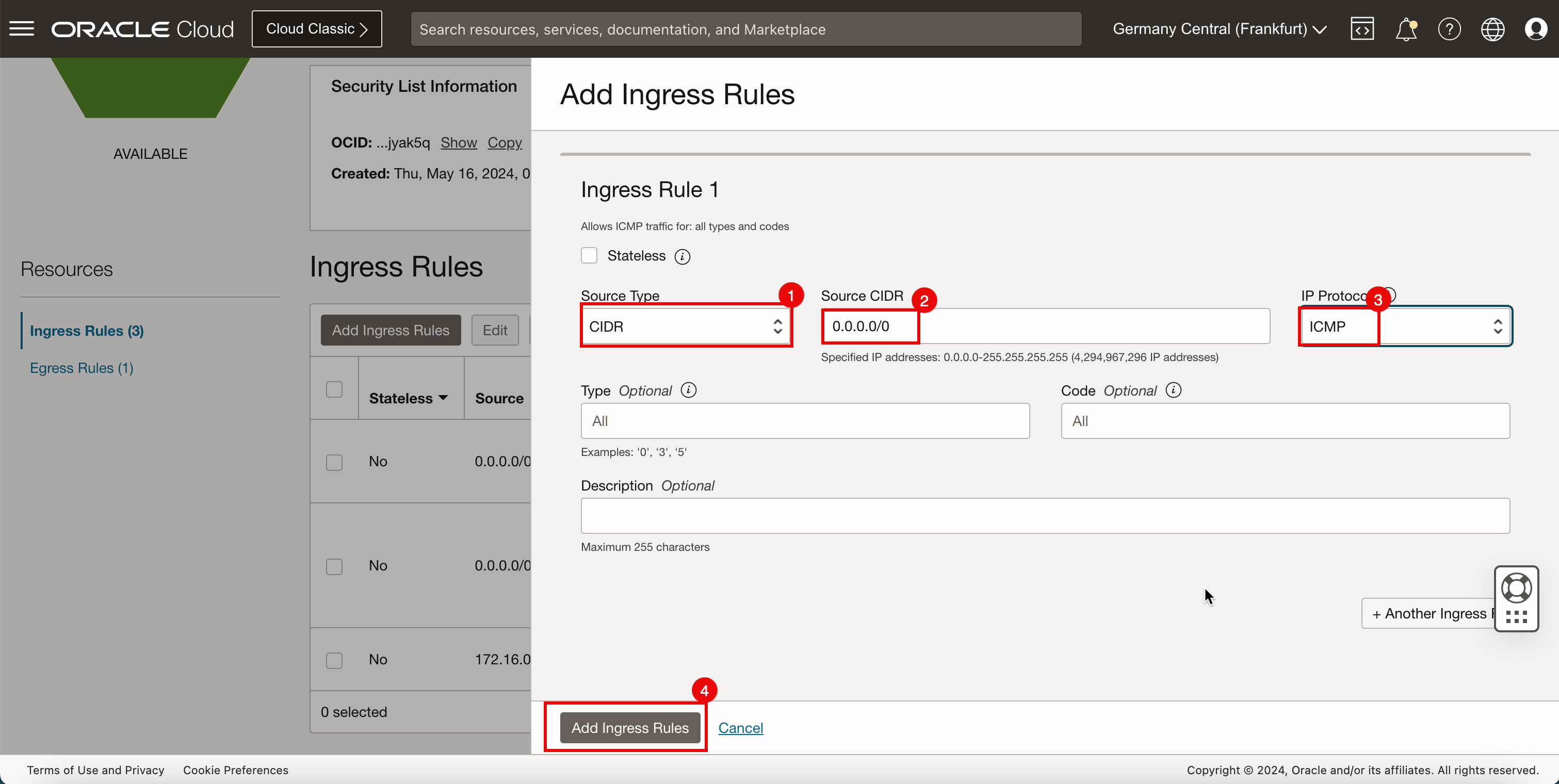

「イングレス・ルールの追加」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

0.0.0.0/0と入力します。 - 「IPプロトコル」で、「ICMP」を選択します。

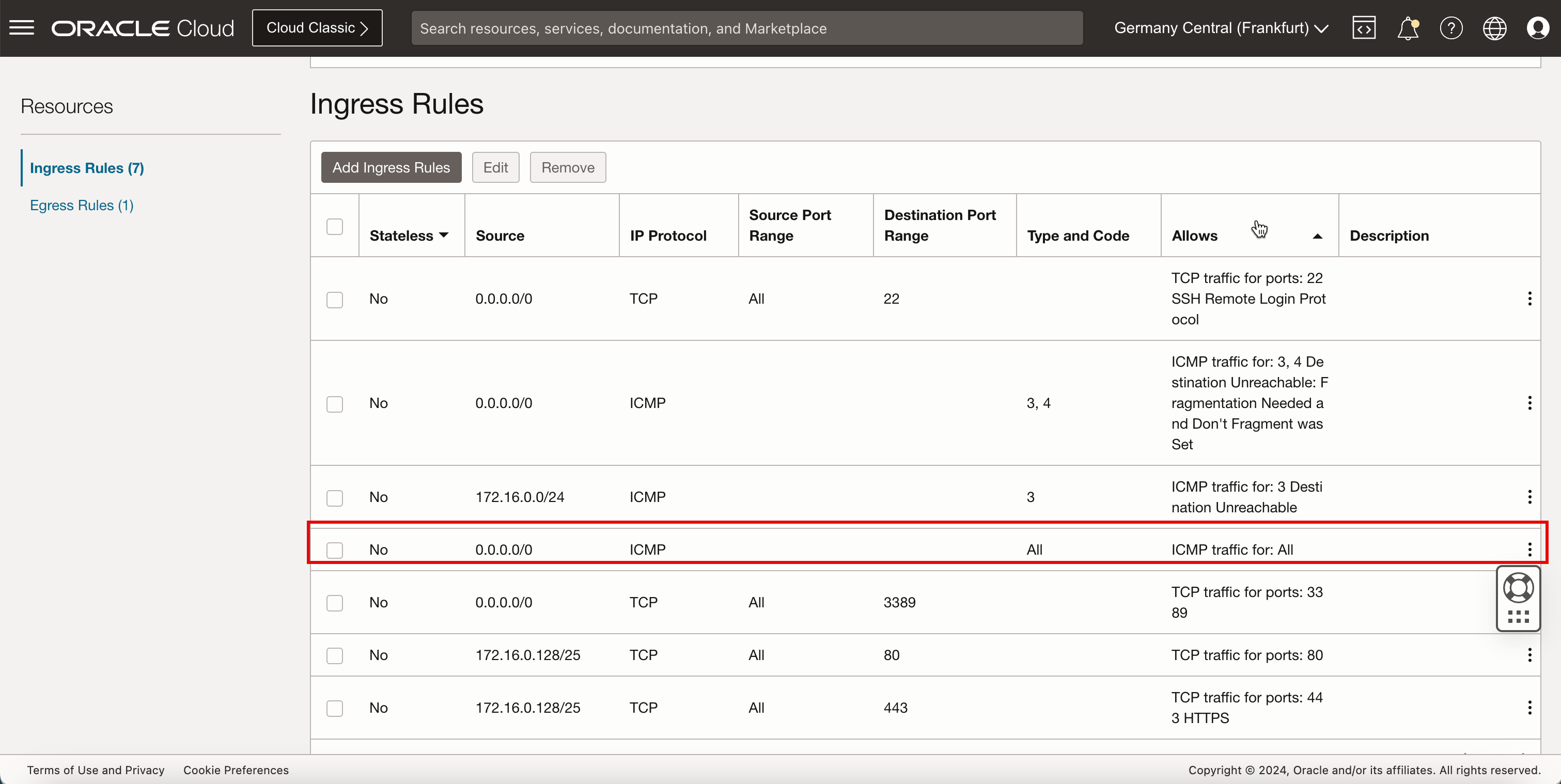

- 「イングレス・ルールの追加」をクリックします。

-

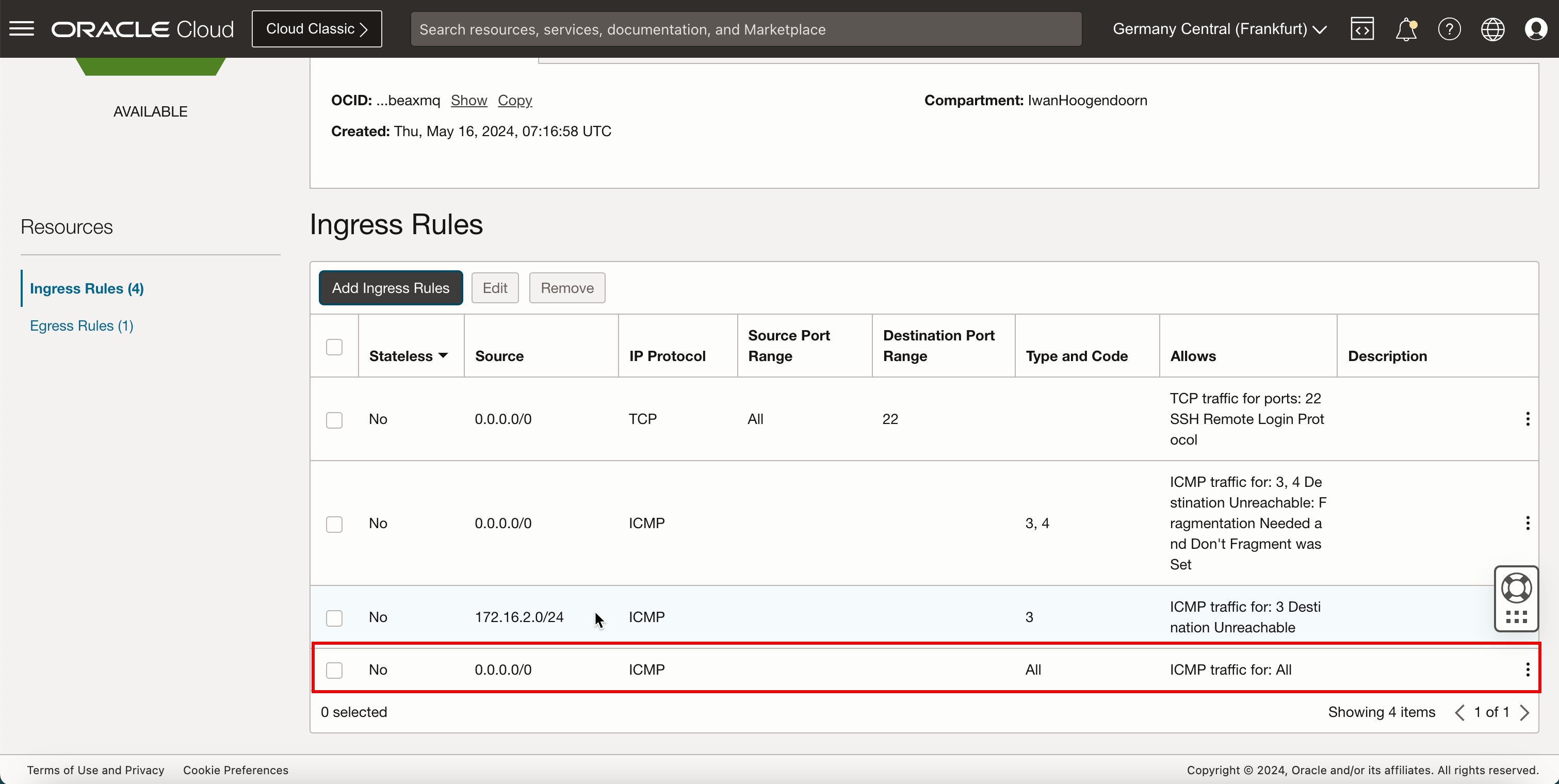

ICMPルールが追加されていることに注意してください。

-

「仮想クラウド・ネットワーク」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

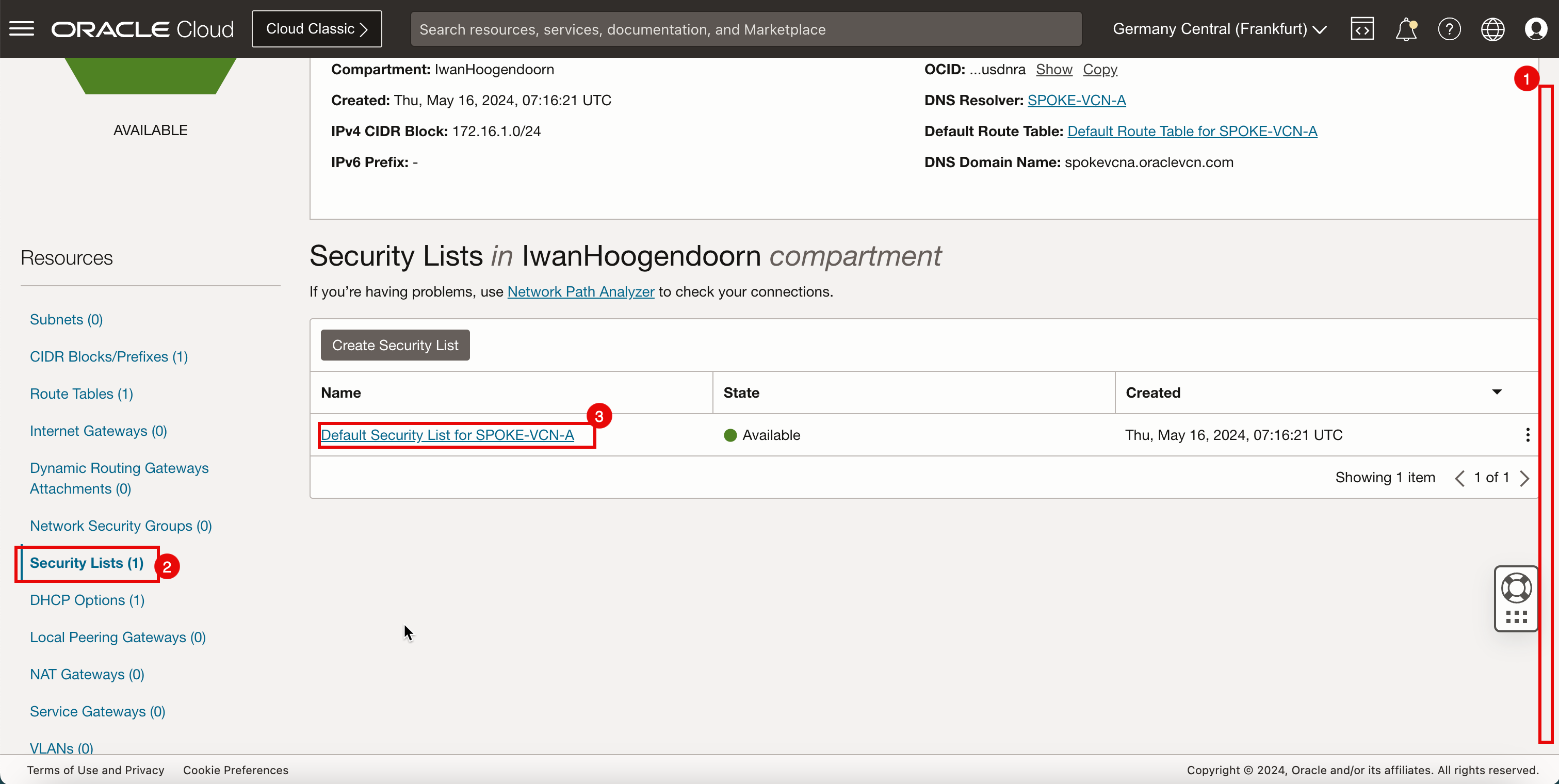

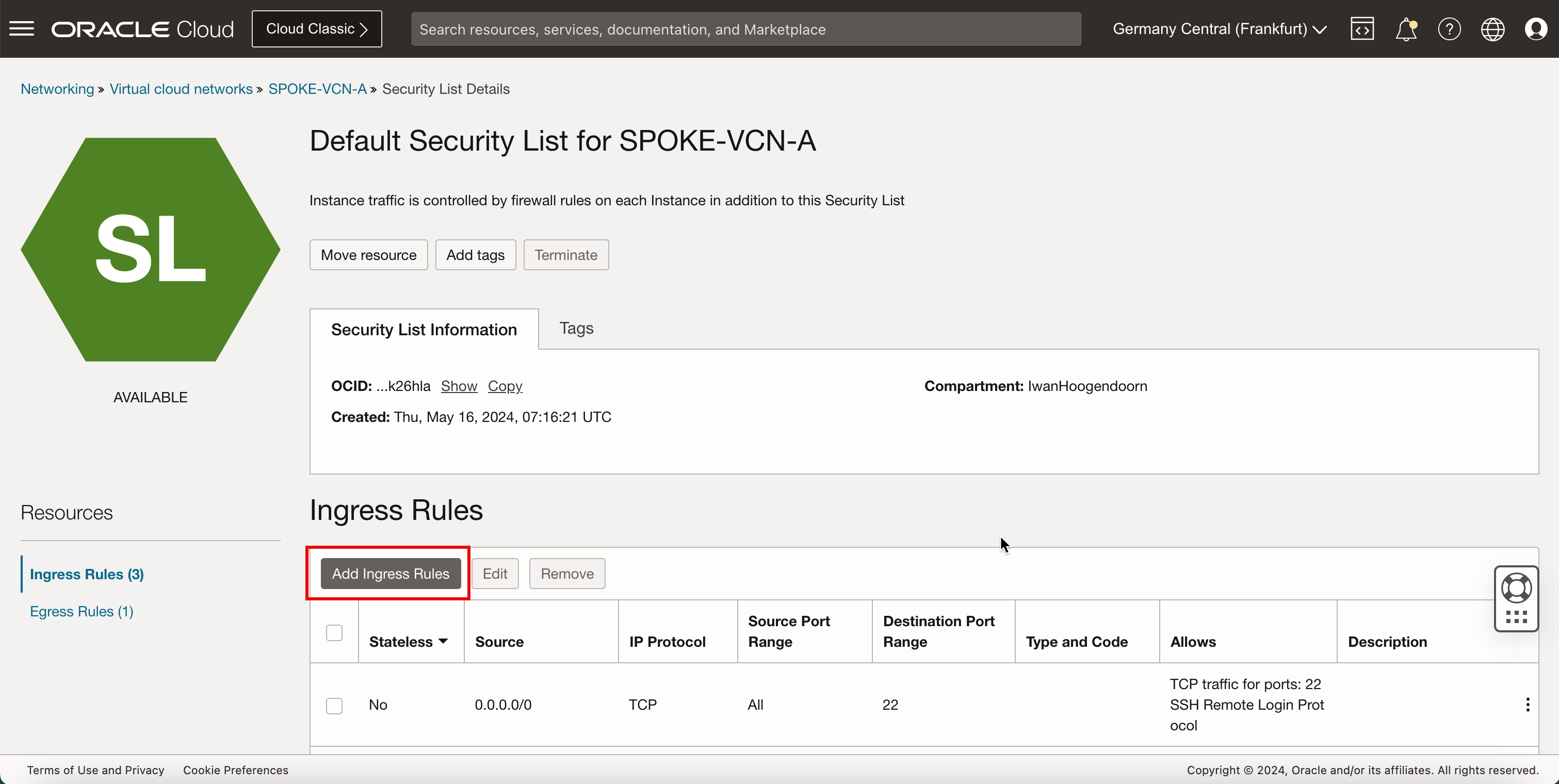

スポークVCN Aへのイングレス・ルールの追加

-

スポークVCN Aをクリックします。

- 下へスクロール

- 「セキュリティ・リスト」をクリックします。

- 「SPOKE-VCN-Aのデフォルト・セキュリティ・リスト」をクリックします

-

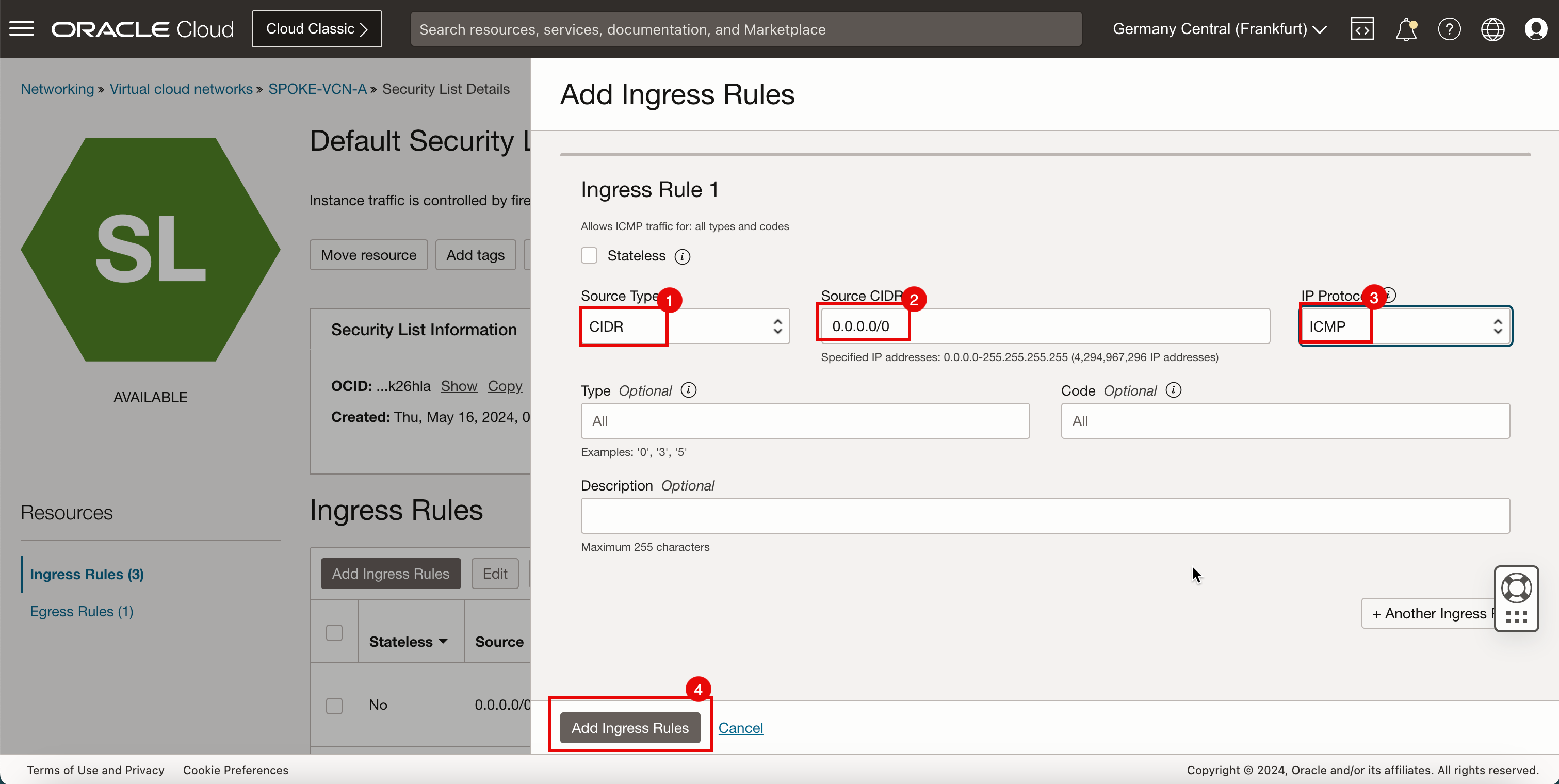

「イングレス・ルールの追加」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

0.0.0.0/0と入力します。 - 「IPプロトコル」で、「ICMP」を選択します。

- 「イングレス・ルールの追加」をクリックします。

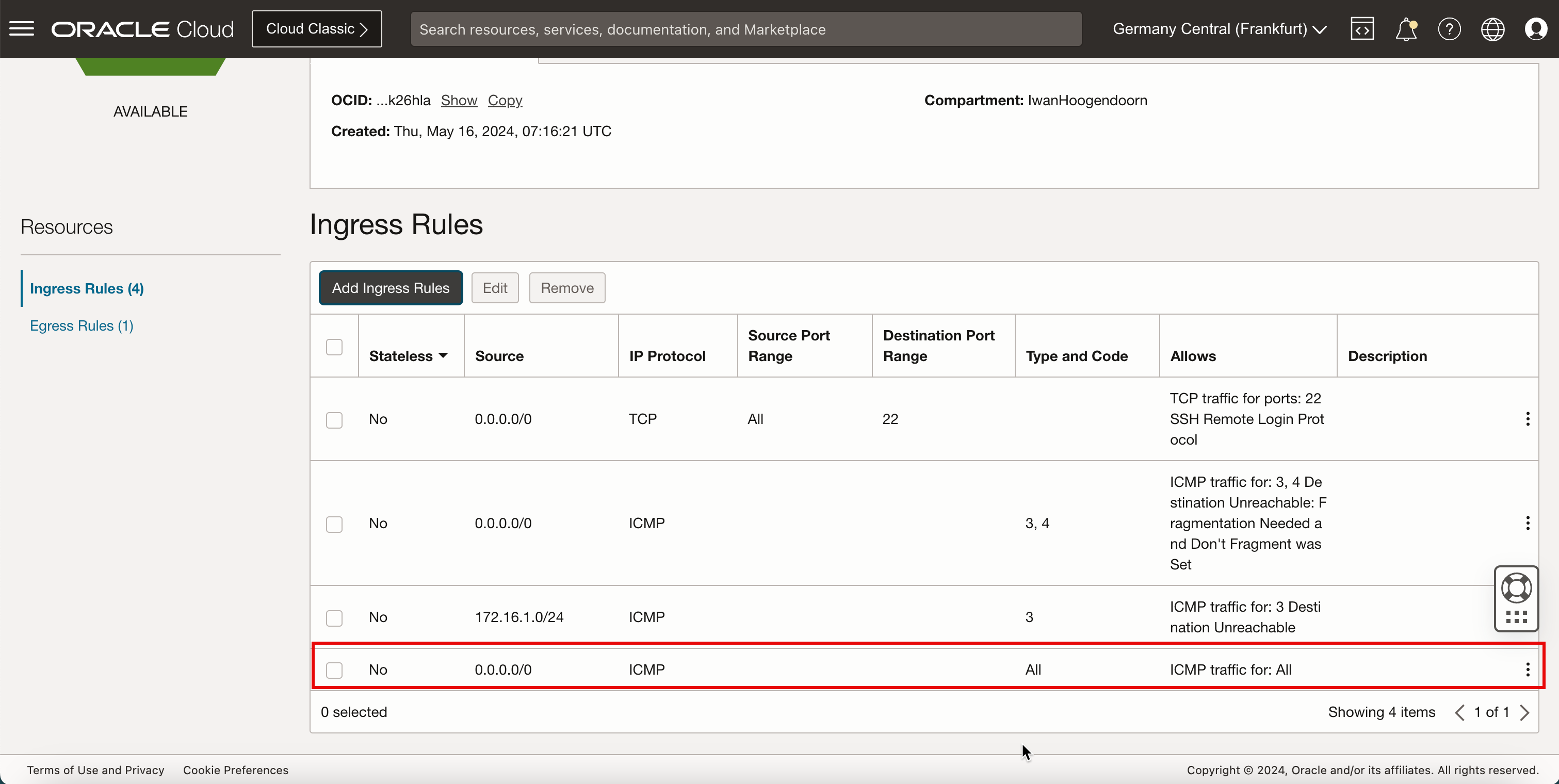

-

ICMPルールが追加されていることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

スポークVCN Bでのイングレス・ルールの追加

-

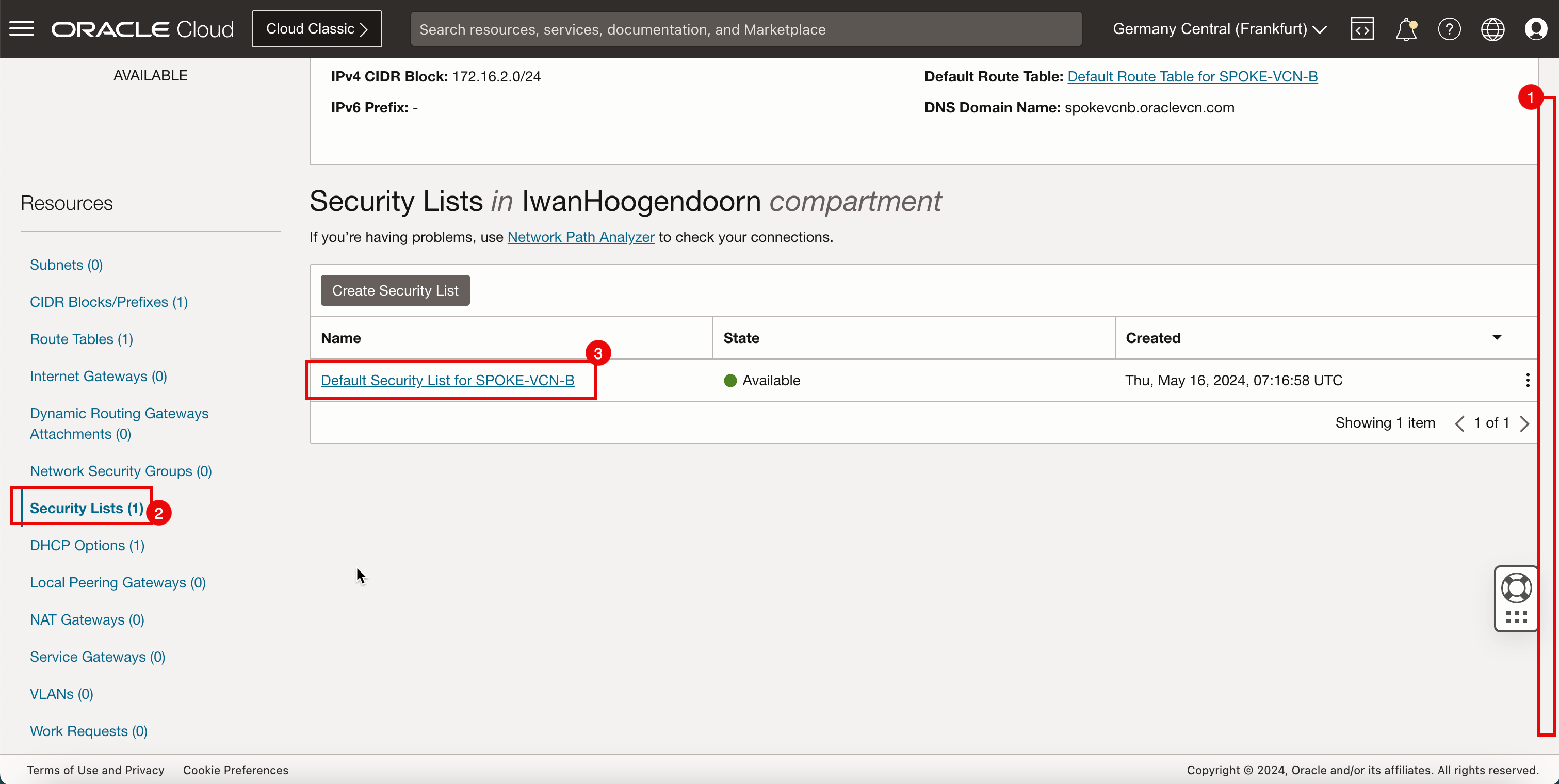

スポークVCN Bをクリックします。

- 下へスクロール

- 「セキュリティ・リスト」をクリックします。

- 「SPOKE-VCN-Bのデフォルト・セキュリティ・リスト」をクリックします

-

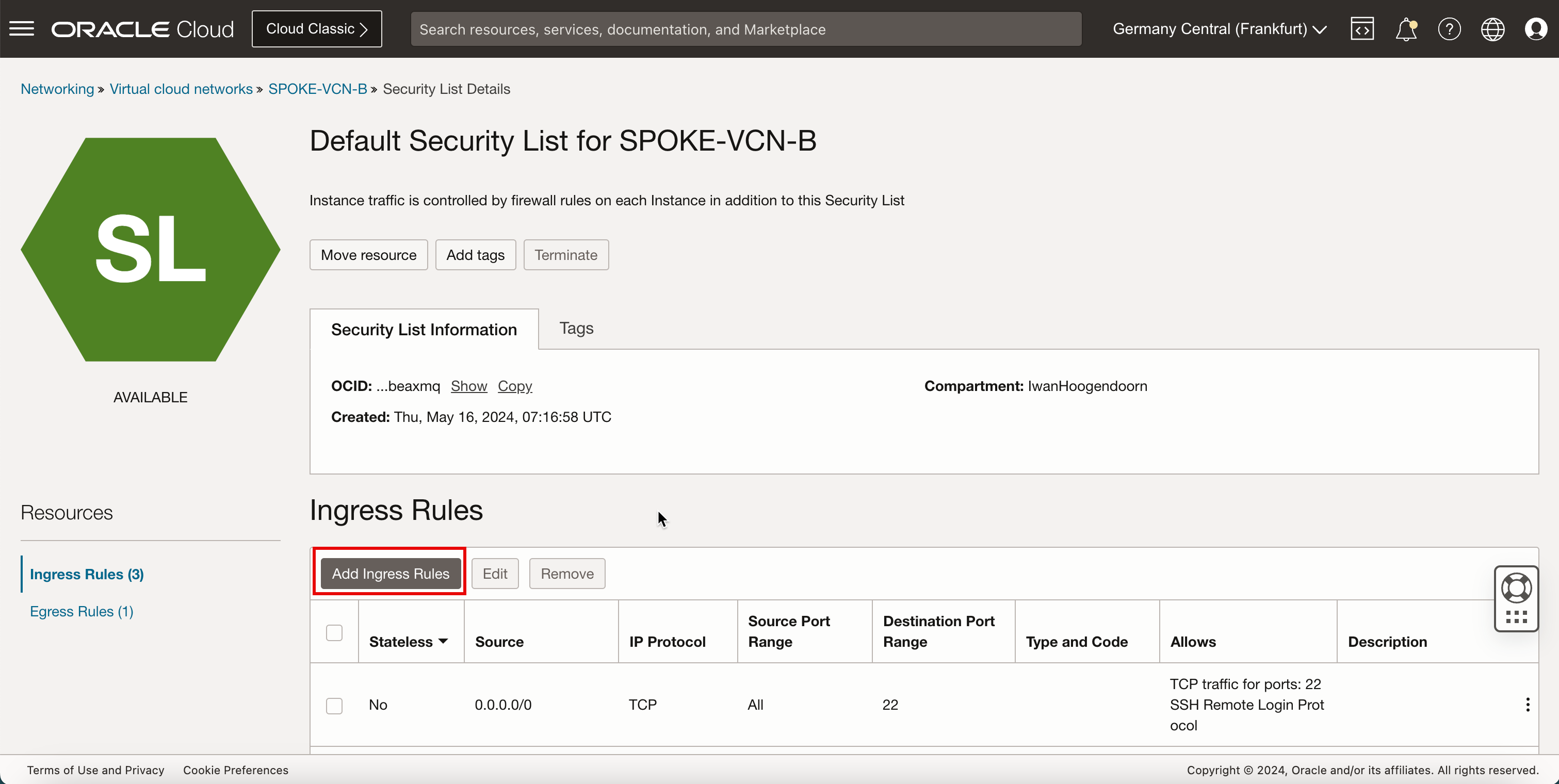

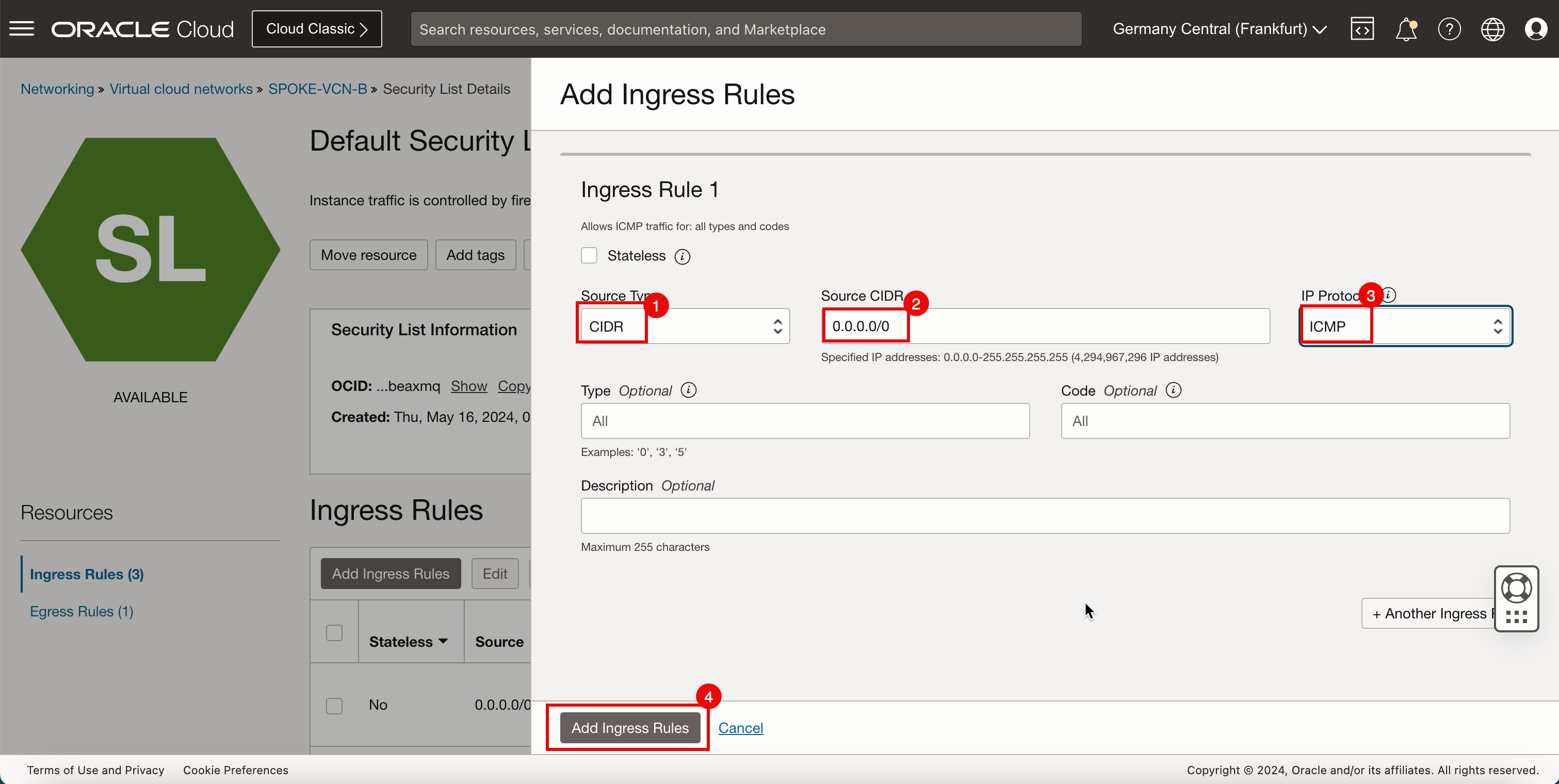

「イングレス・ルールの追加」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

0.0.0.0/0と入力します。 - 「IPプロトコル」で、「ICMP」を選択します。

- 「イングレス・ルールの追加」をクリックします。

-

ICMPルールが追加されていることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

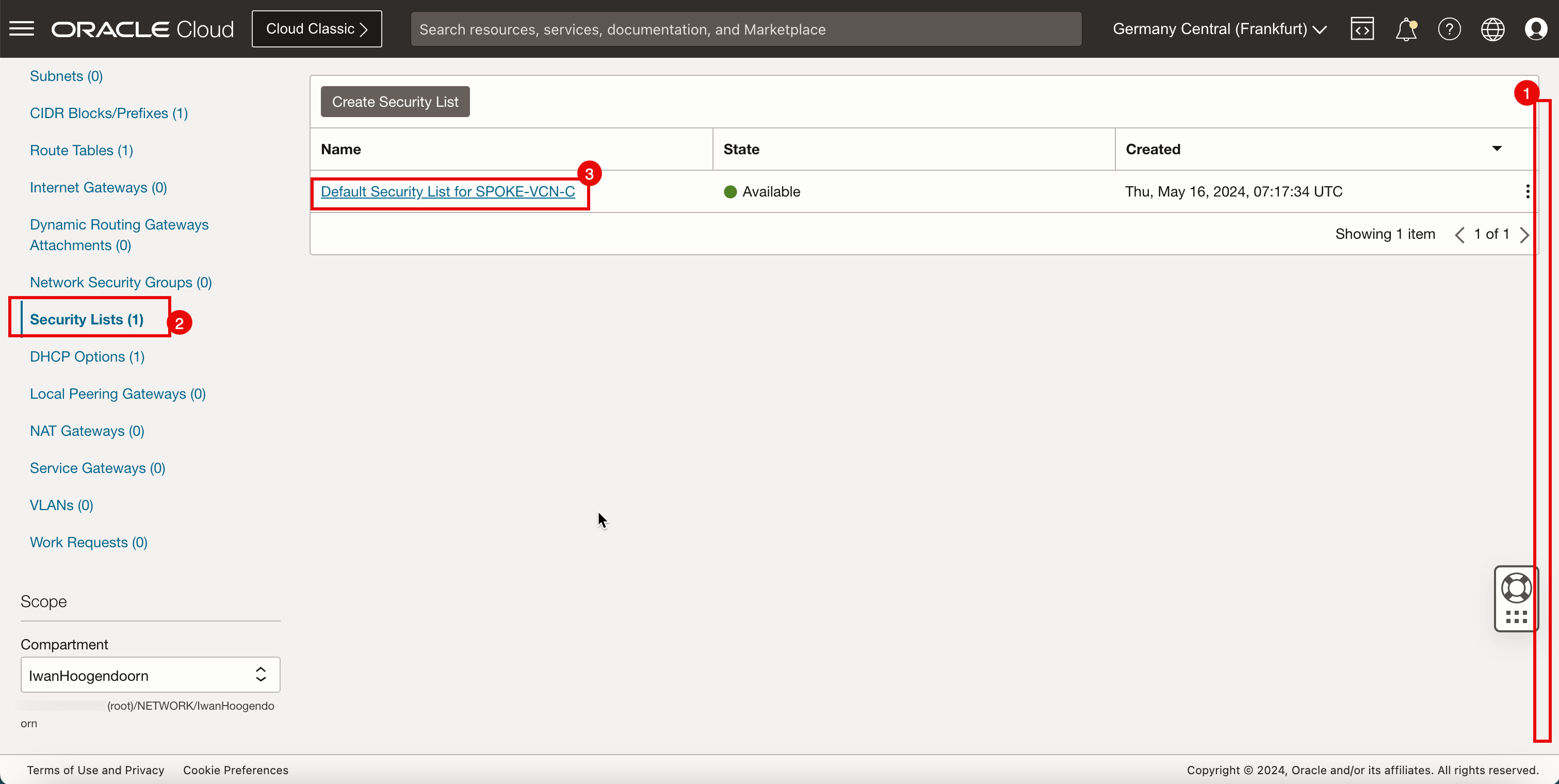

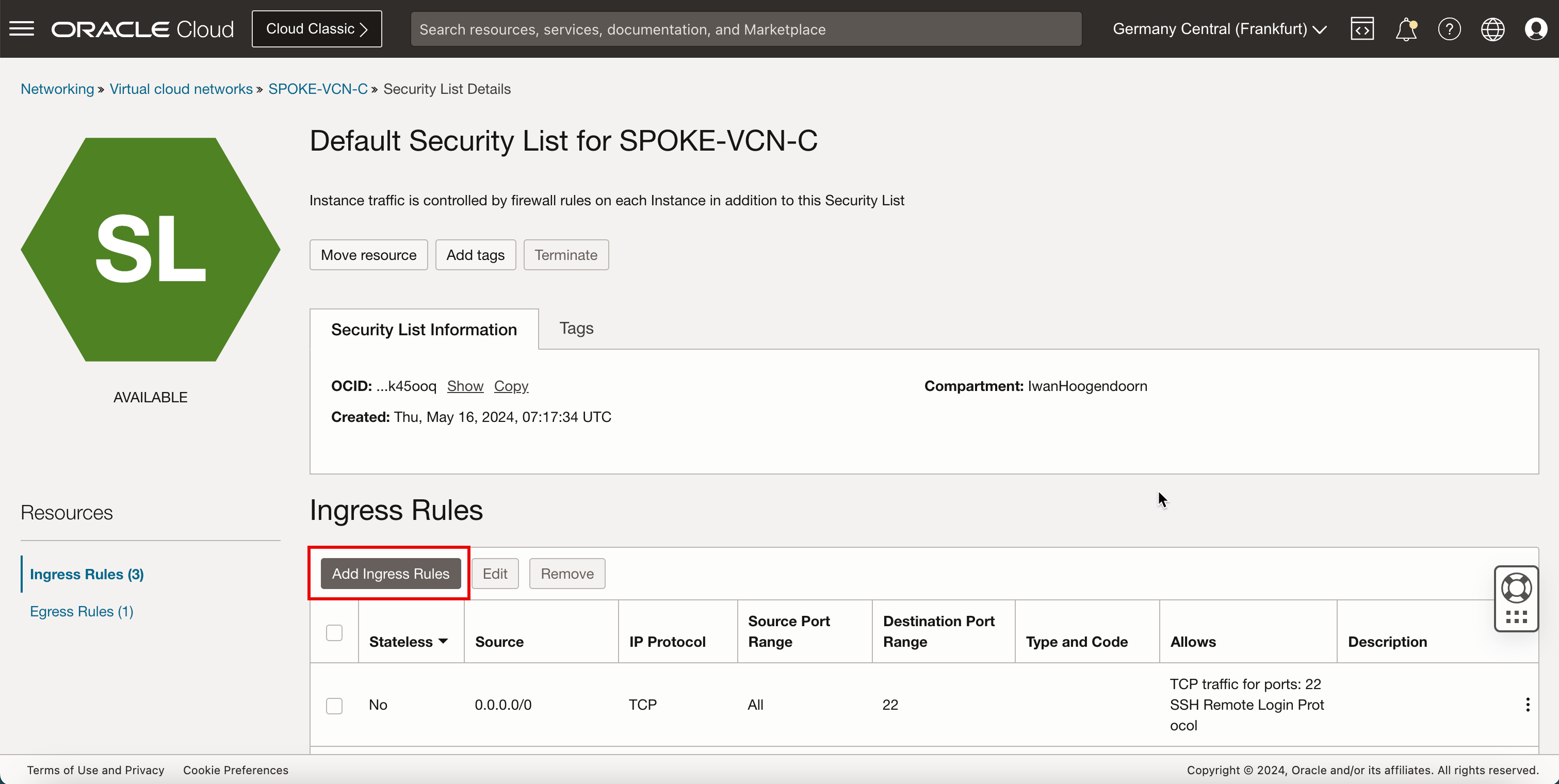

スポークVCN Cでのイングレス・ルールの追加

-

「スポークVCN C」をクリックします。

- 下へスクロール

- 「セキュリティ・リスト」をクリックします。

- 「SPOKE-VCN-Cのデフォルト・セキュリティ・リスト」をクリックします

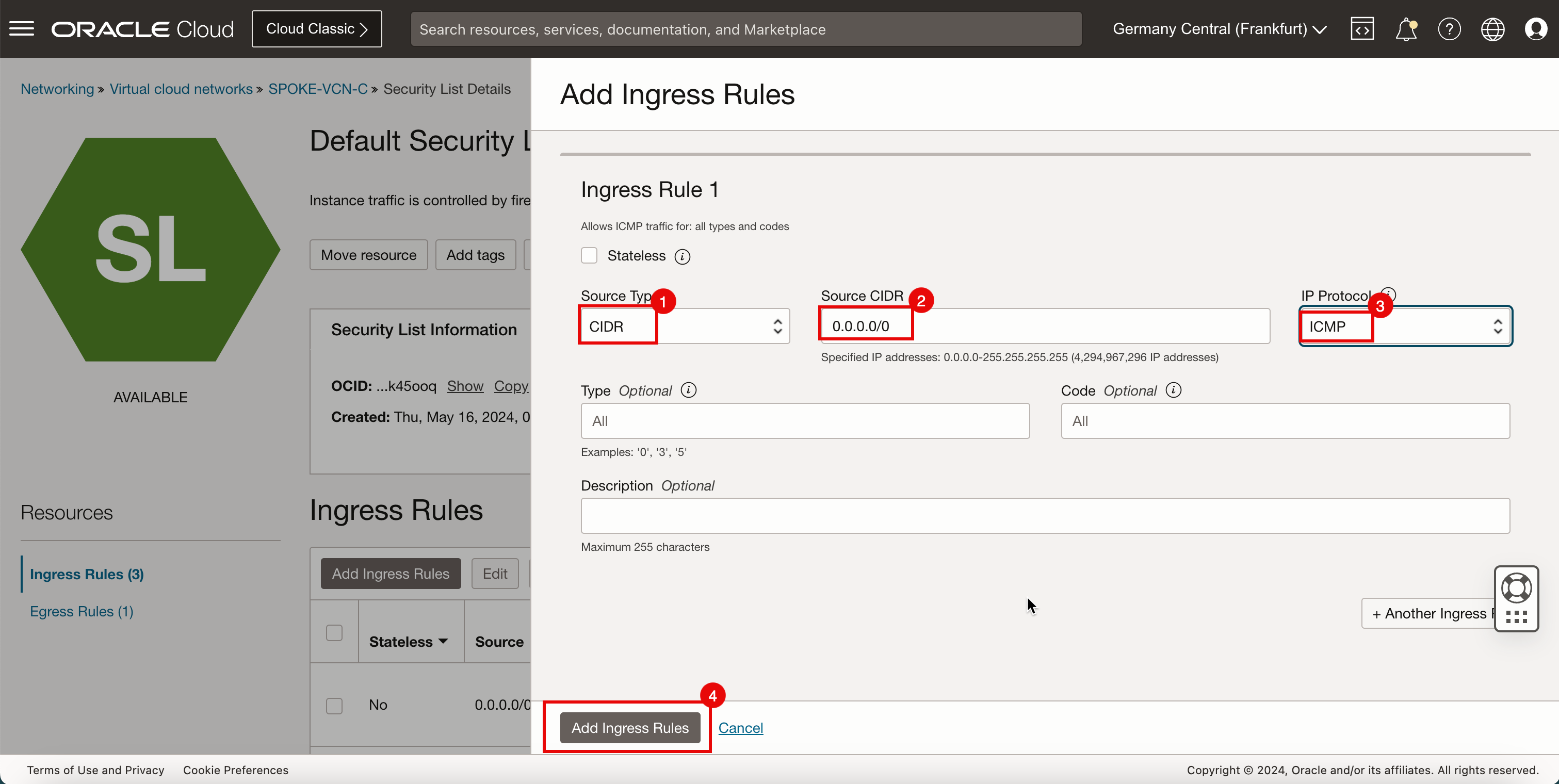

-

「イングレス・ルールの追加」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

0.0.0.0/0と入力します。 - 「IPプロトコル」で、「ICMP」を選択します。

- 「イングレス・ルールの追加」をクリックします。

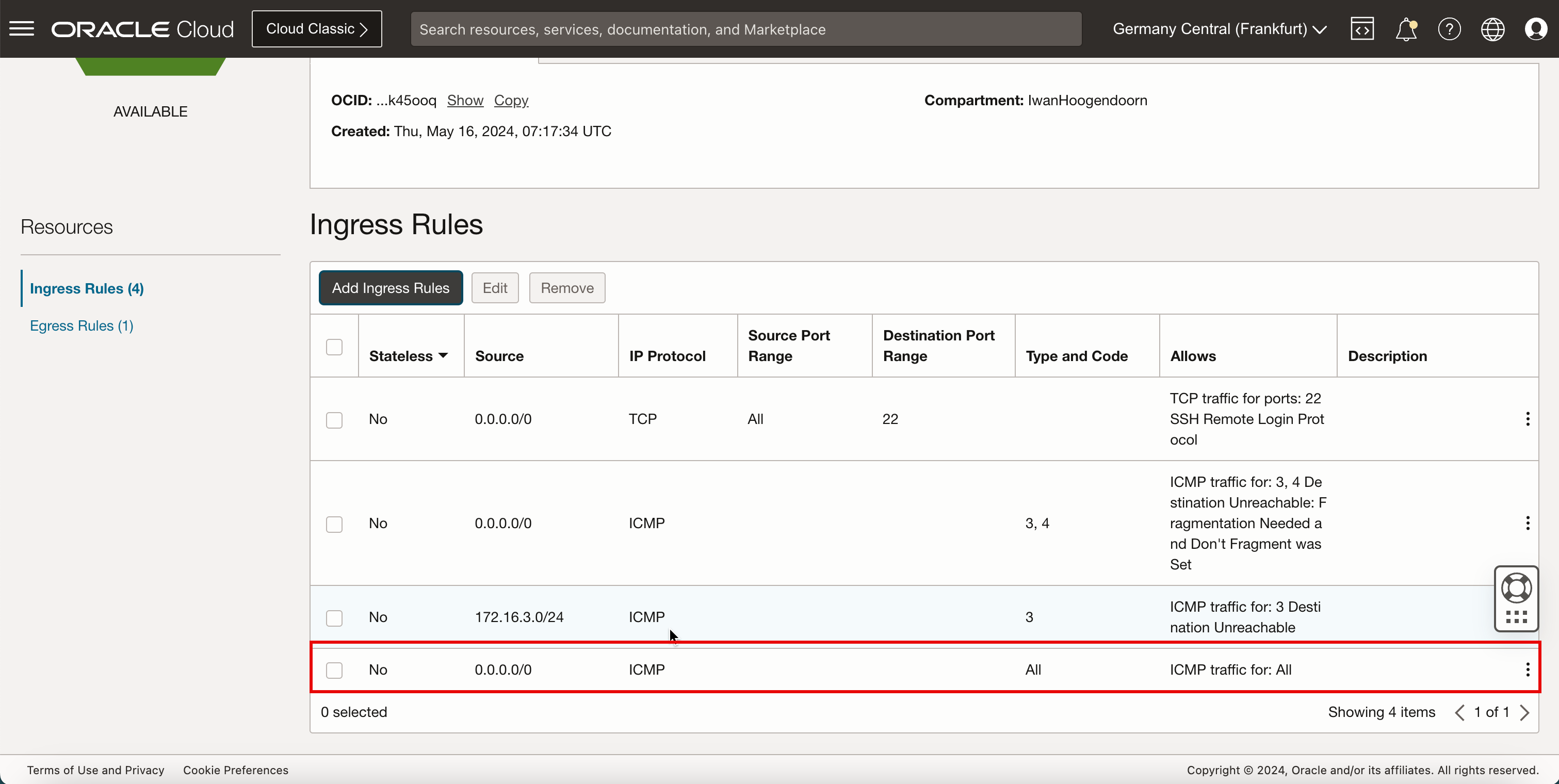

-

ICMPルールが追加されていることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

タスク7: ハブ・ファイアウォール検査による異なるSCNとインターネット間のルーティングの構成

必要なコンポーネントがすべて揃っています。次に、ルーティングを構成する必要があります。ルーティングを構成する前に、まずDRGにVCNをアタッチする必要があります。

その後、別のVCNルーティング表、DRGルーティング表を作成し、これらのルーティング表を異なるVCN、DRG VCNアタッチメント、サブネットおよびゲートウェイに関連付ける必要があるアタッチメントを作成します。

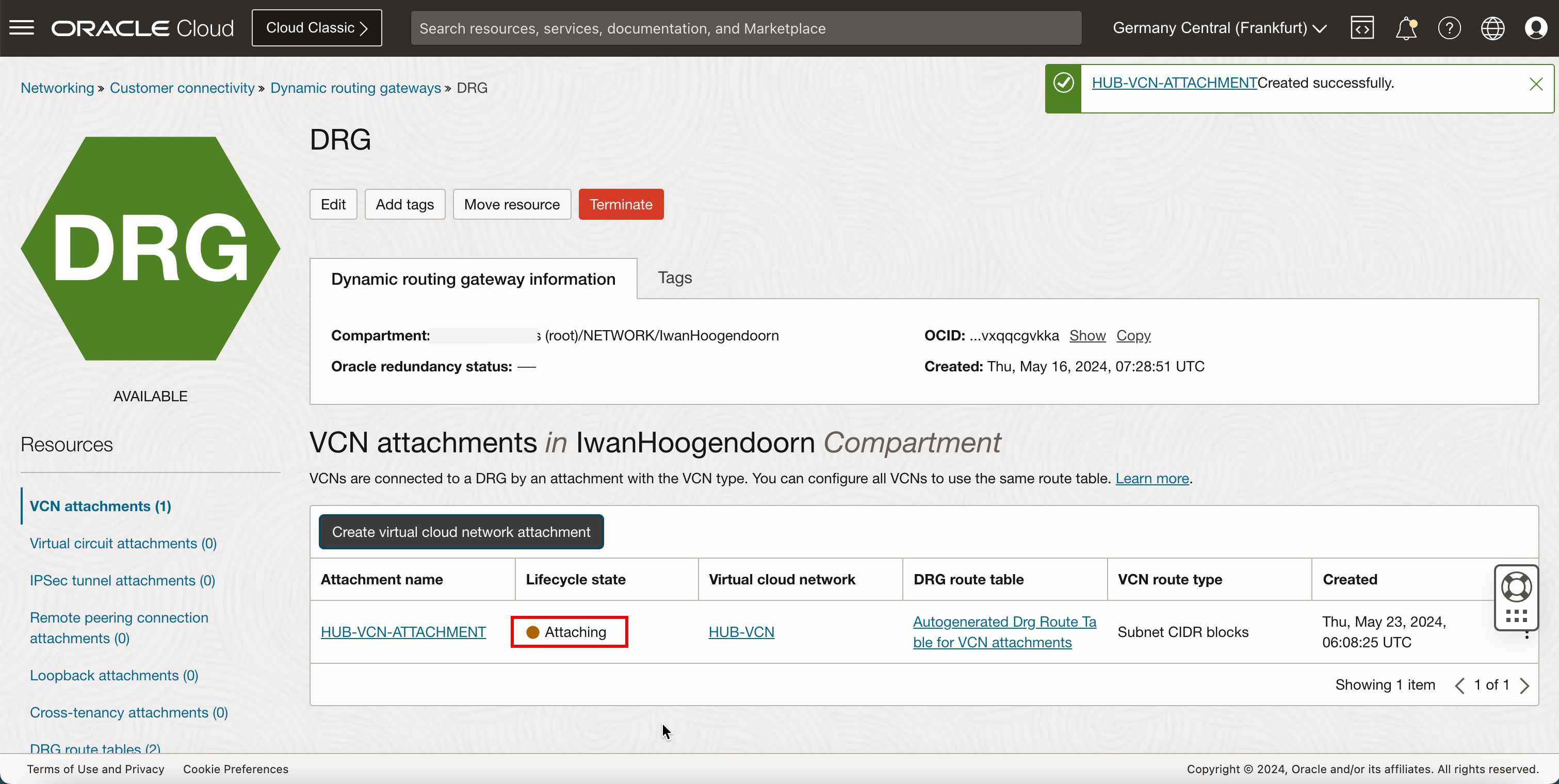

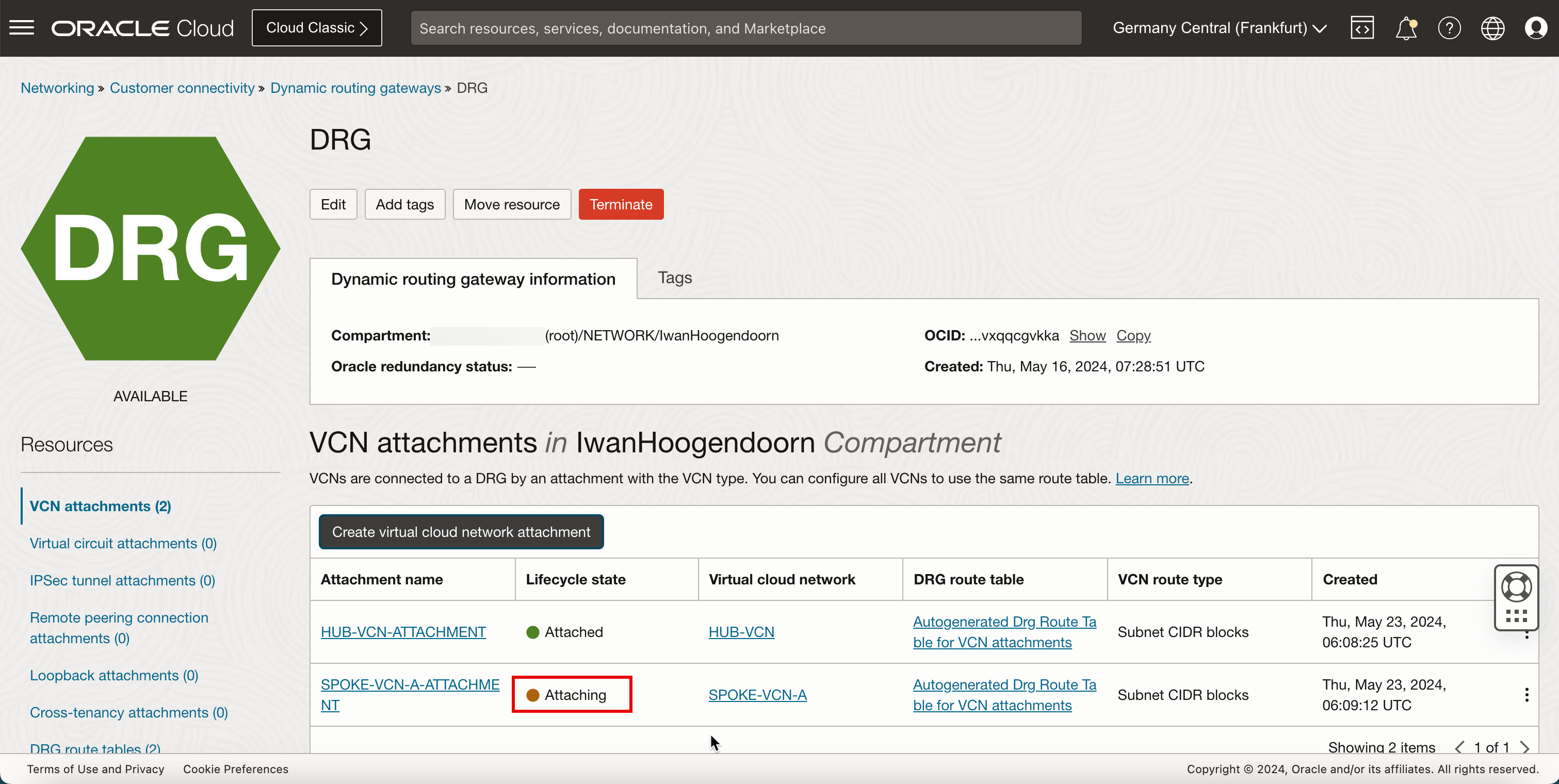

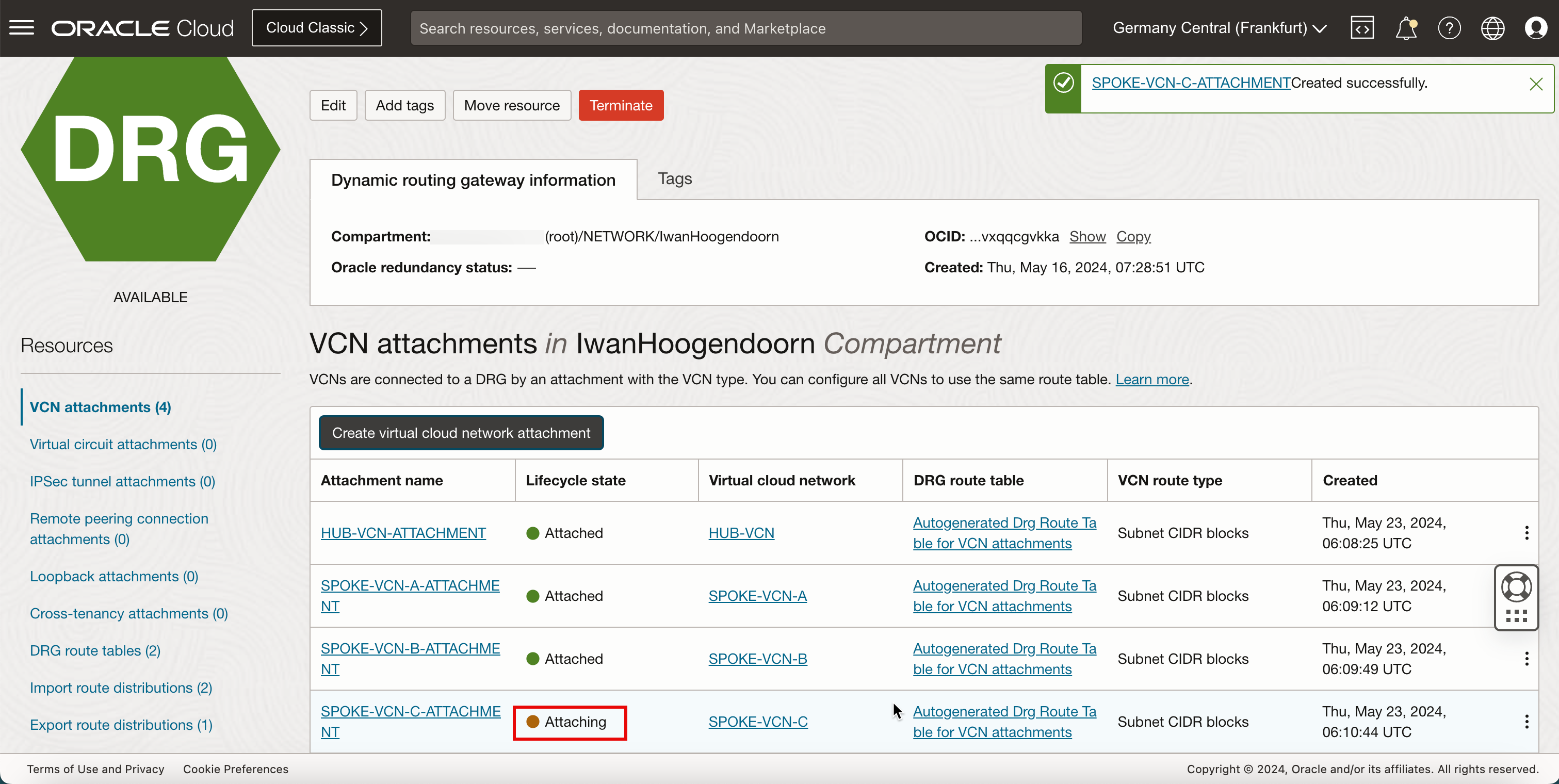

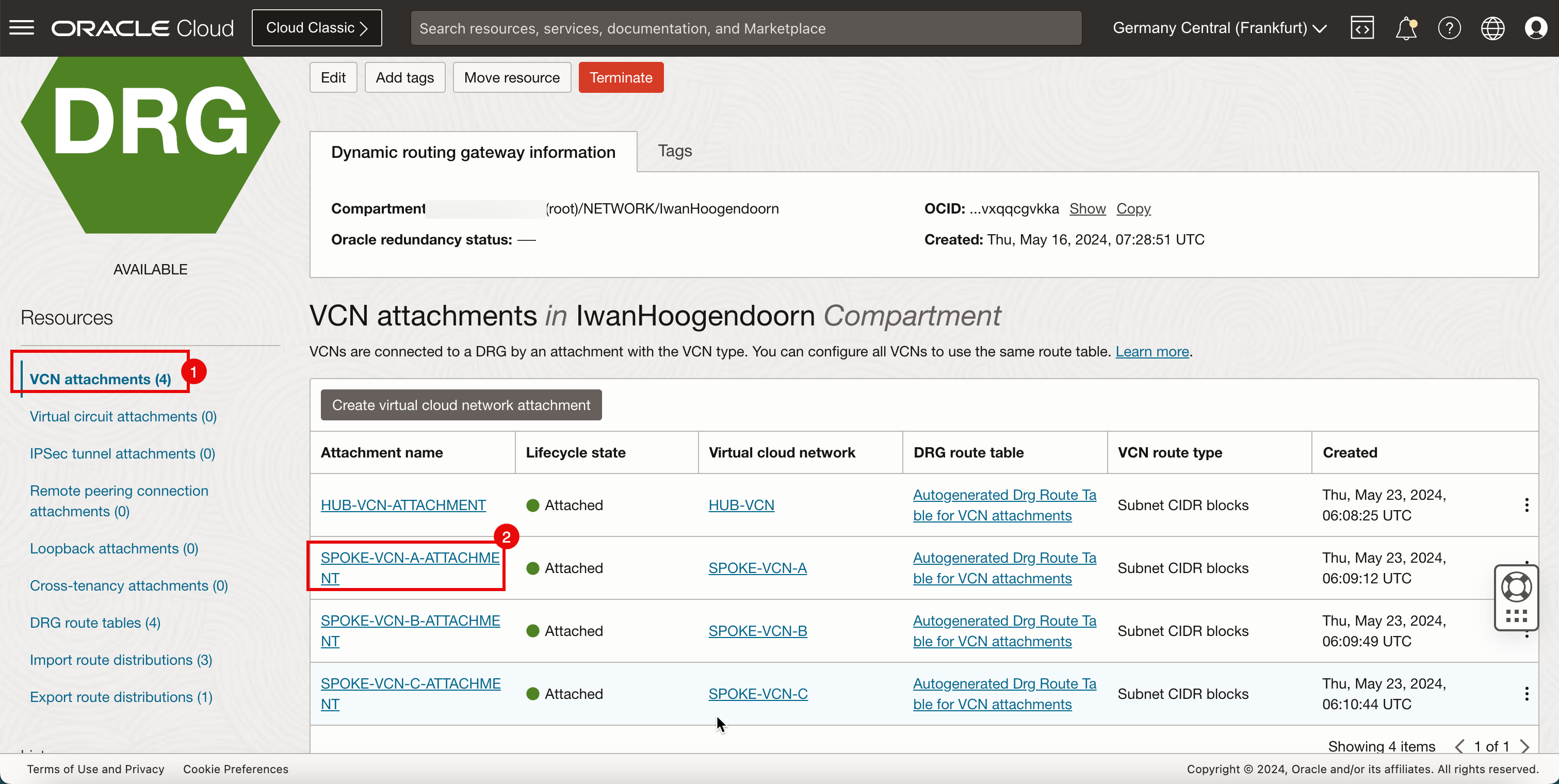

タスク7.1: DRGでのVCNアタッチメントの作成

-

DRGにVCNアタッチメントを作成します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「Dynamic Routing Gateway」をクリックします。

-

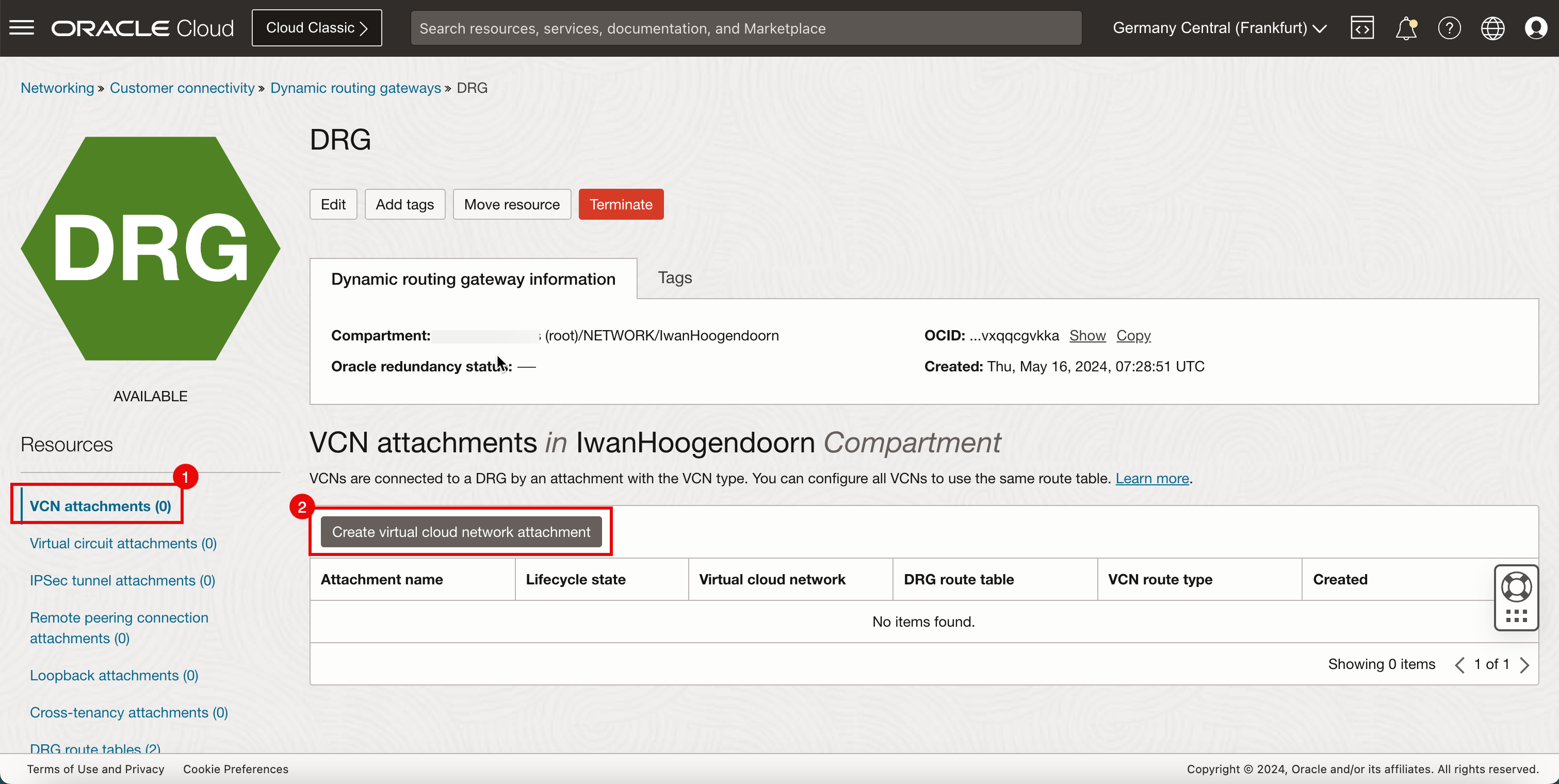

タスク3で作成したDRGをクリックします。

- 「VCNアタッチメント」をクリックします。

- 「仮想ネットワーク・アタッチメントの作成」をクリックします。

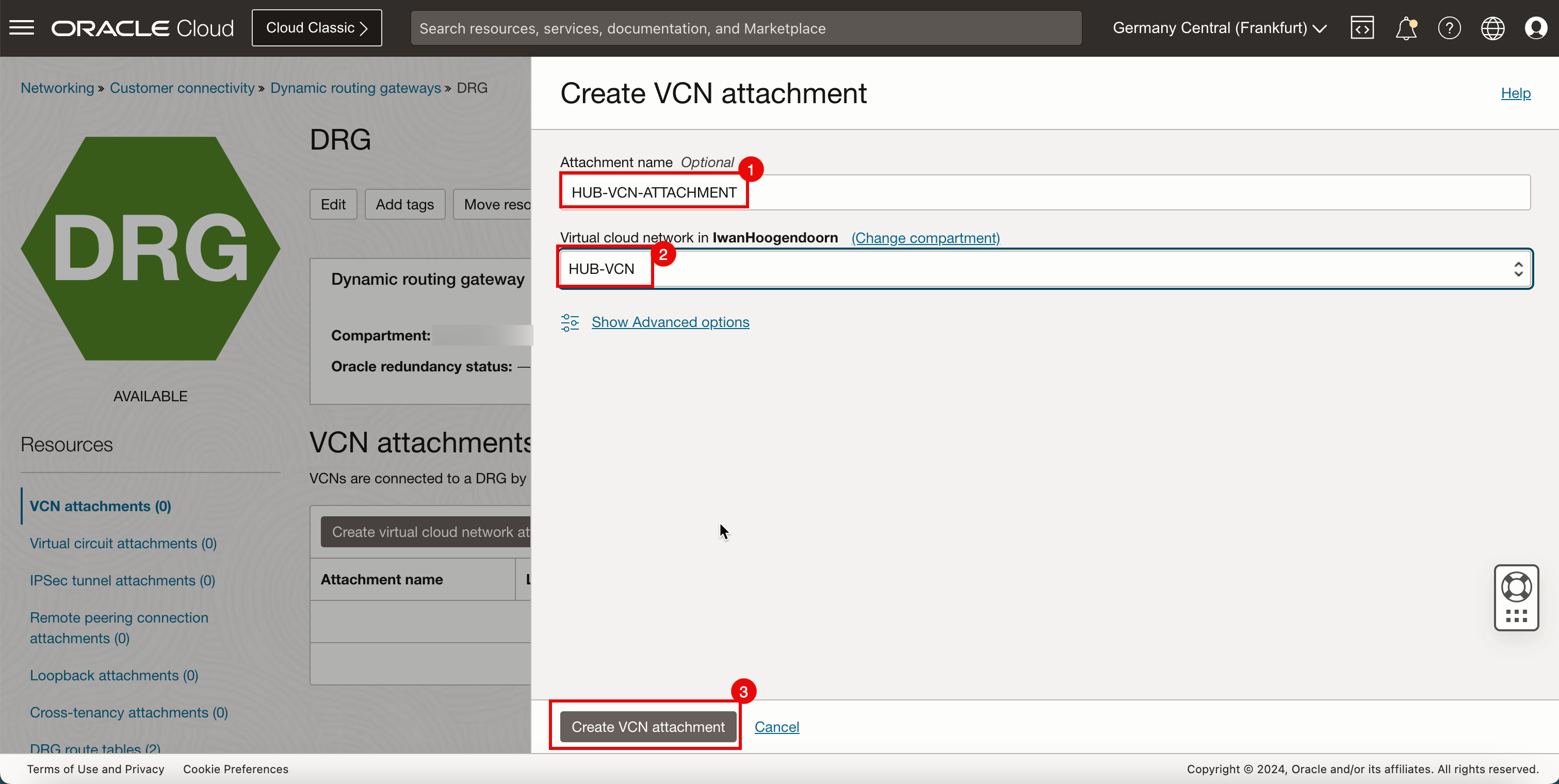

- ハブVCNのアタッチメント名を入力します。

- ハブVCNを選択します。

- 「VCNアタッチメントの作成」をクリックします。

-

ハブのVCNの状態が「アタッチ中」であることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

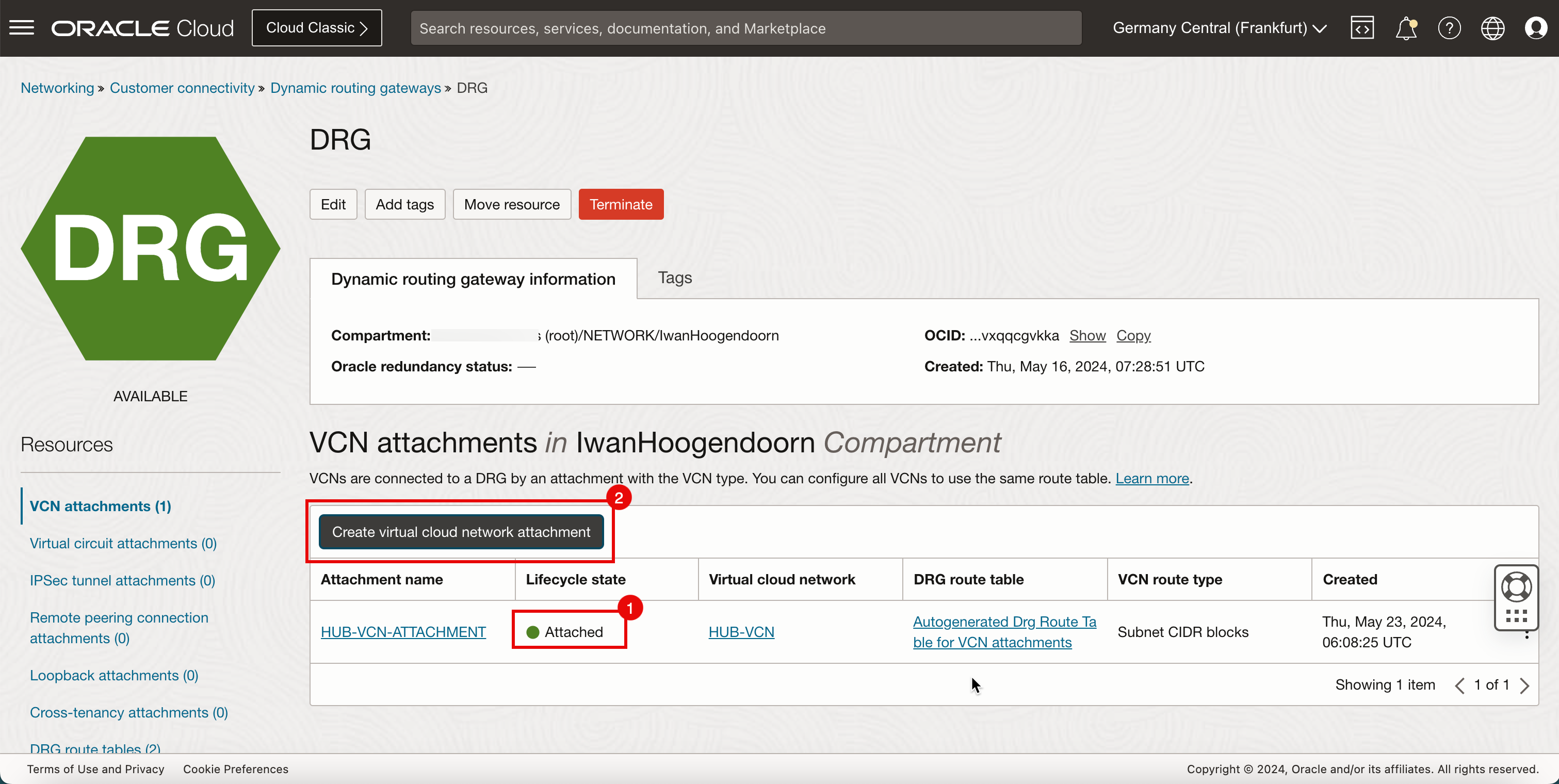

- ハブのVCNの状態が「アタッチ済」に変更されたことに注意してください。

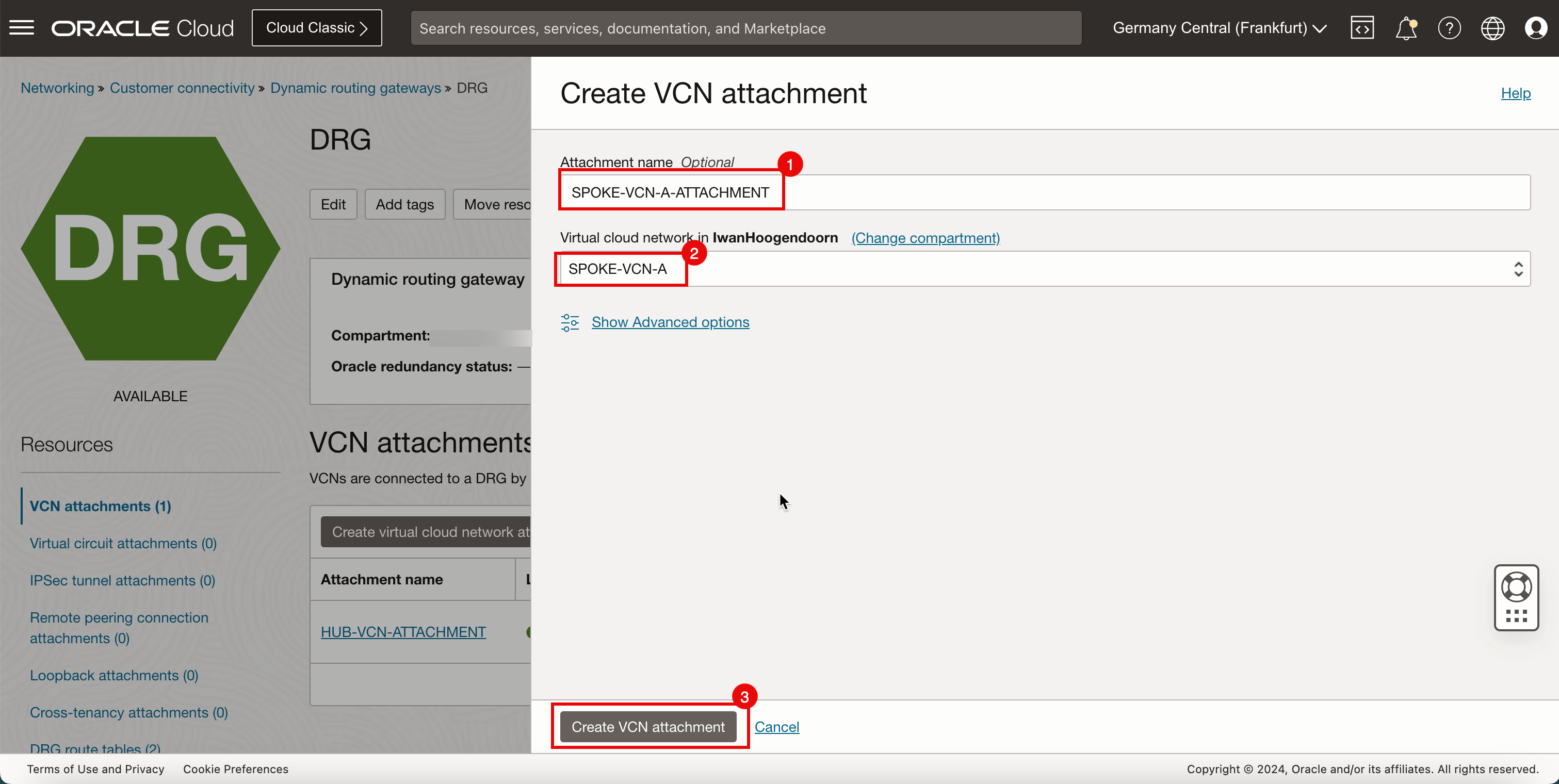

- 「仮想ネットワーク・アタッチメントの作成」をクリックして、次のアタッチメントを作成します。

- スポークVCN Aの「アタッチメント名」を入力します。

- スポークVCN Aを選択します。

- 「VCNアタッチメントの作成」をクリックします。

-

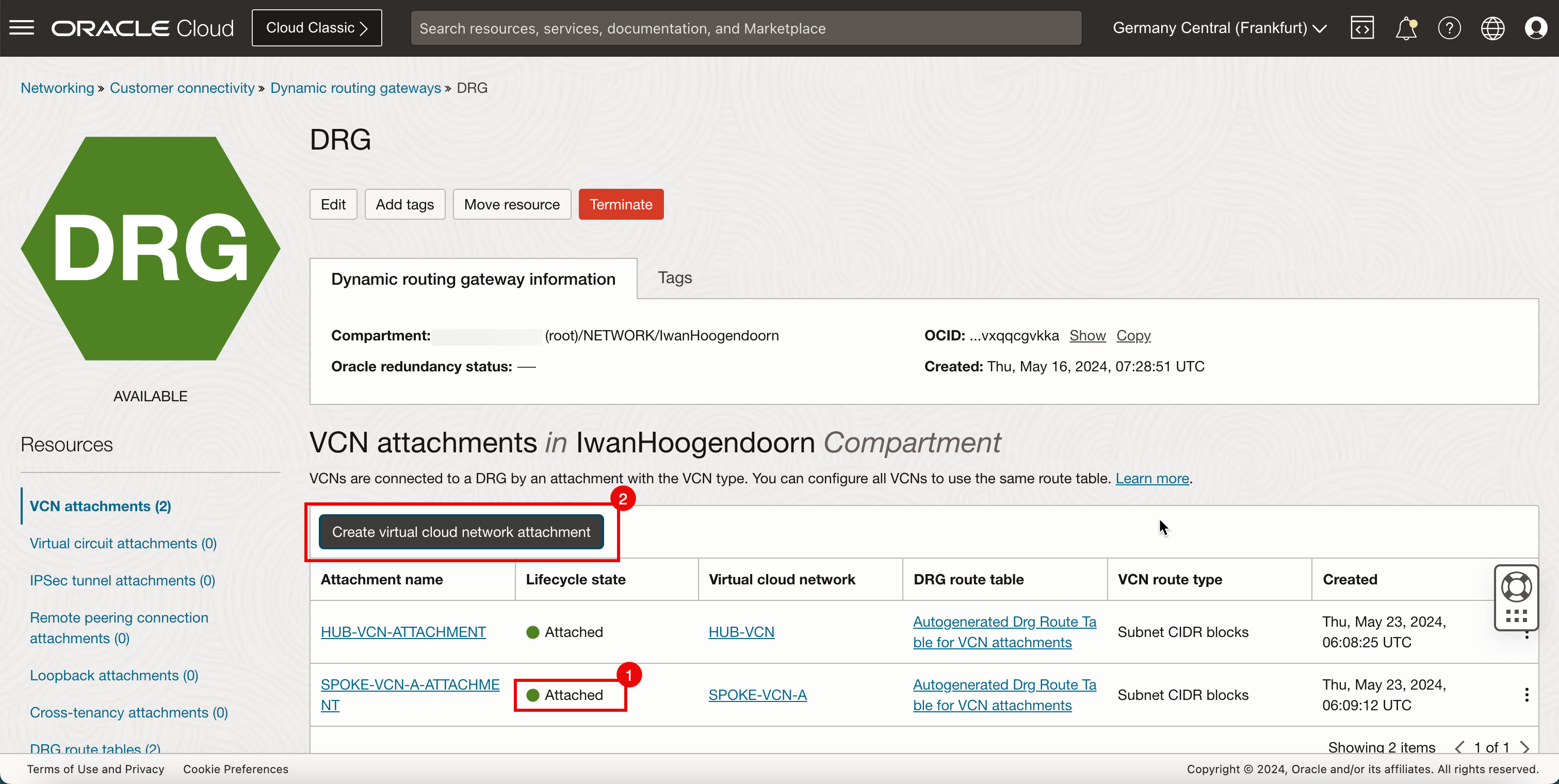

スポークVCN Aの状態が「アタッチ中」であることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

- スポークVCN Aの状態が「アタッチ済」に変更されていることに注意してください。

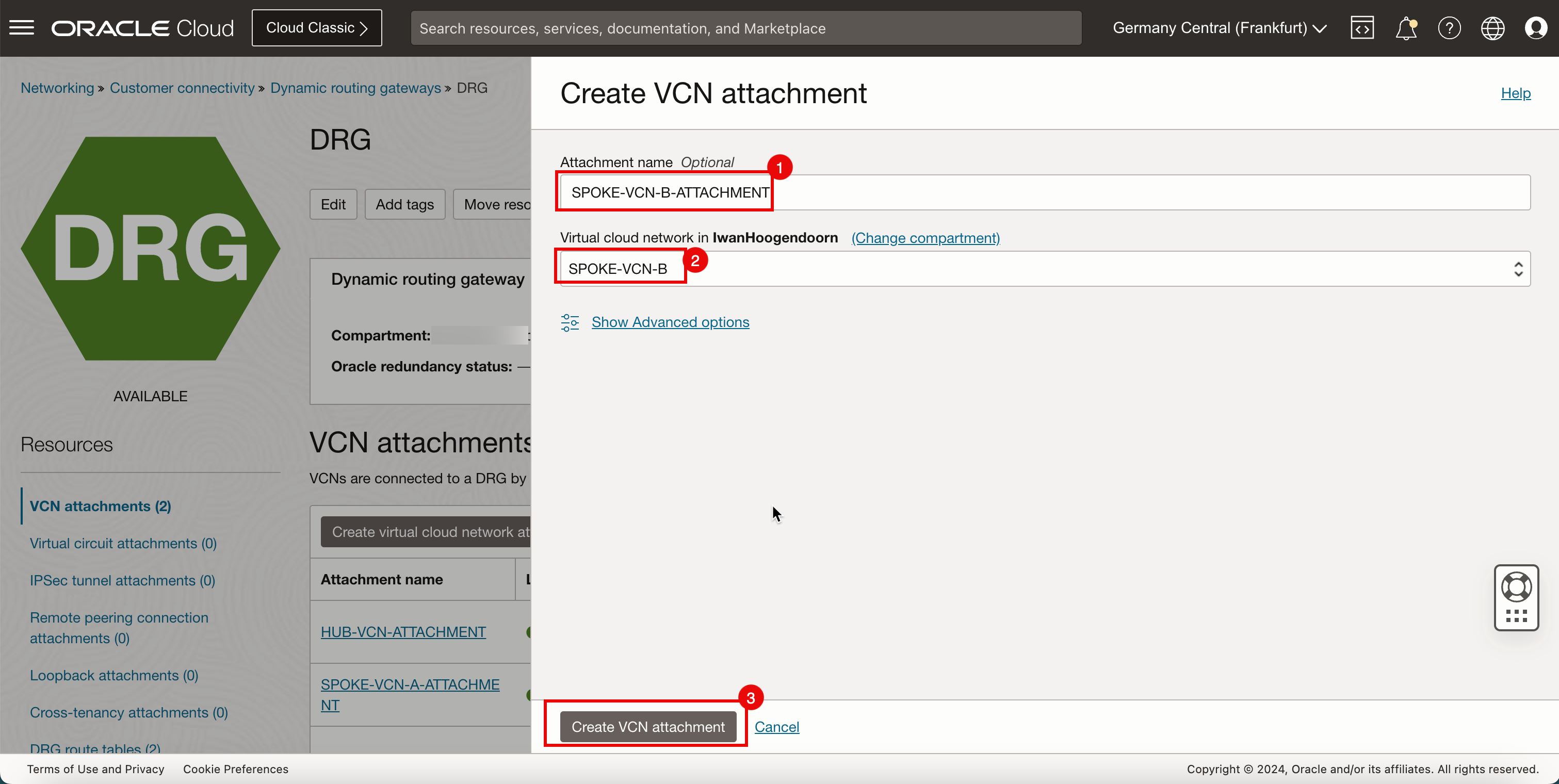

- 「仮想ネットワーク・アタッチメントの作成」をクリックして、次のアタッチメントを作成します。

- スポークVCN Bの「アタッチメント名」を入力します。

- スポークVCN Bを選択します。

- 「VCNアタッチメントの作成」をクリックします。

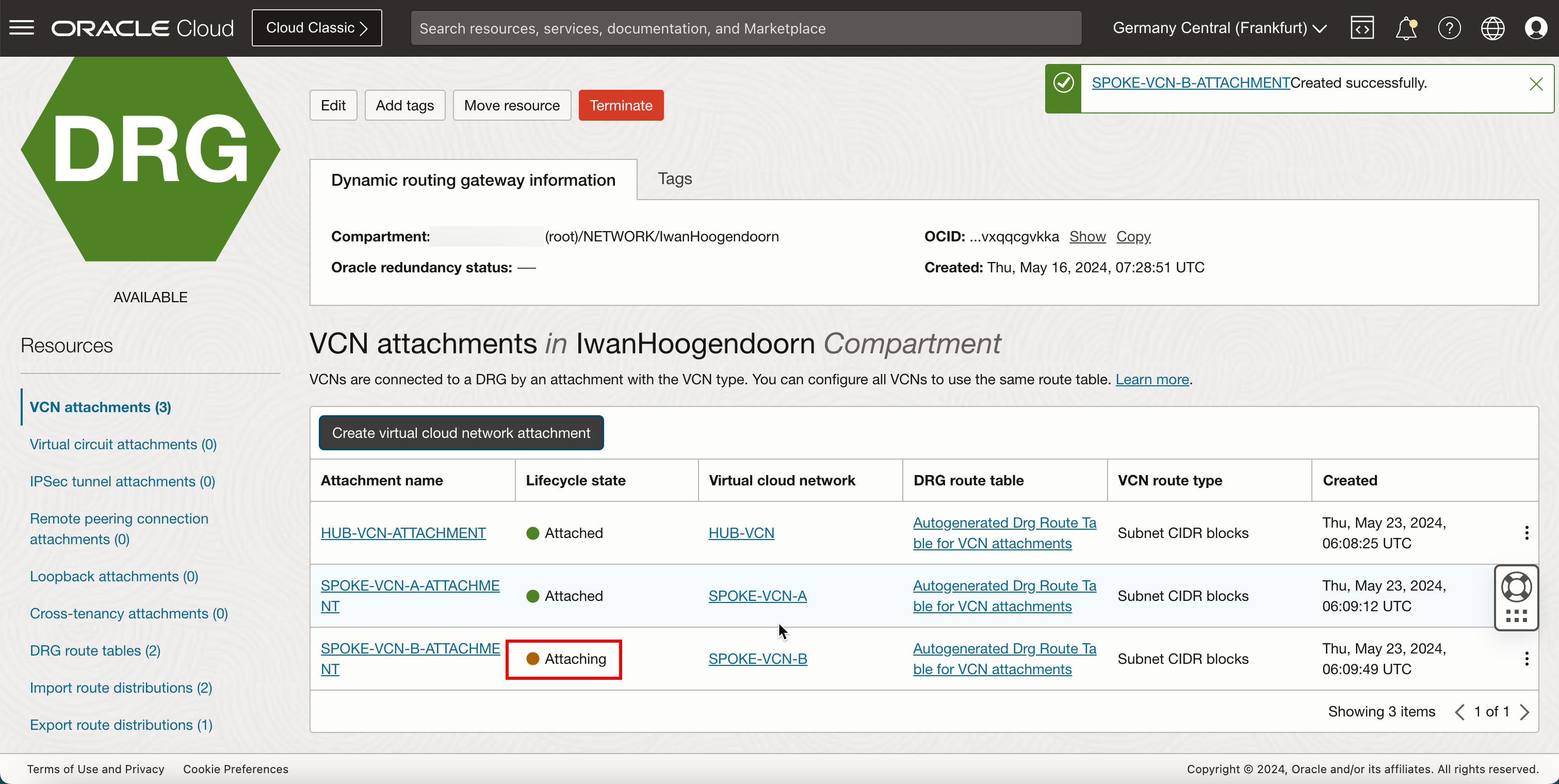

-

スポークVCN Bの状態が「アタッチ中」であることに注意してください。

-

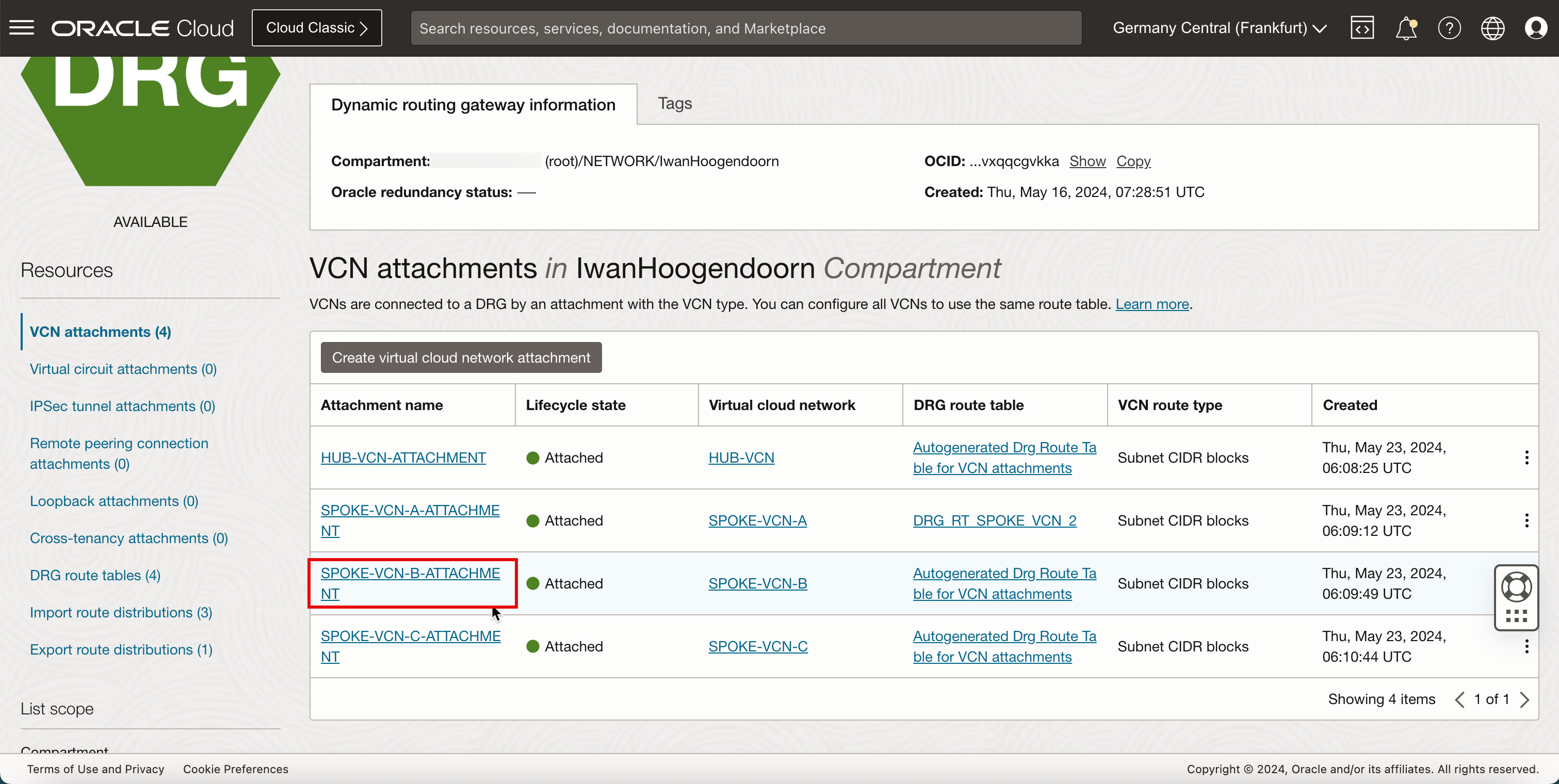

次の図は、これまでに作成したものを視覚的に示したものです。

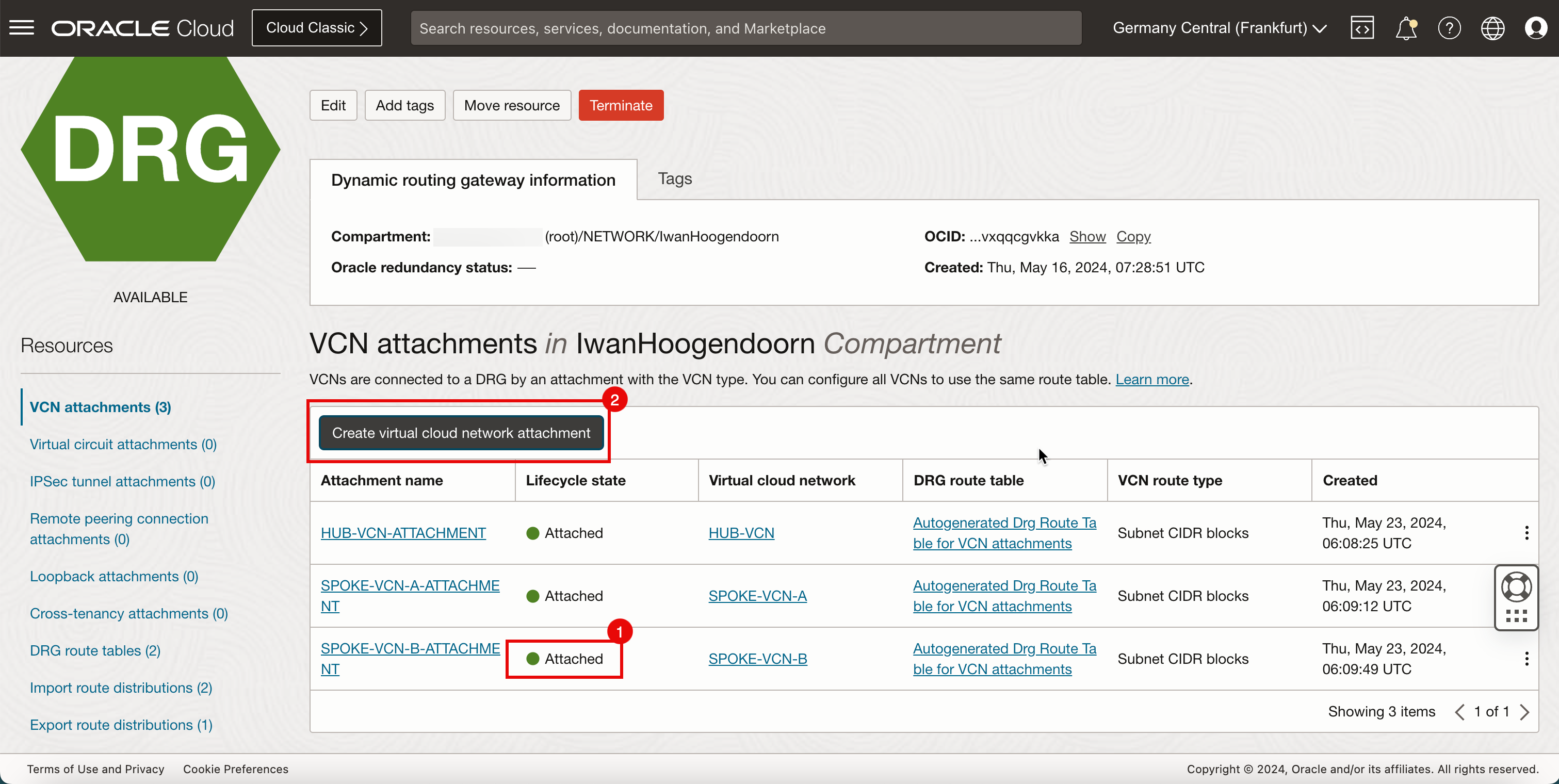

- スポークVCN Bの状態が「アタッチ済」に変更されていることに注意してください。

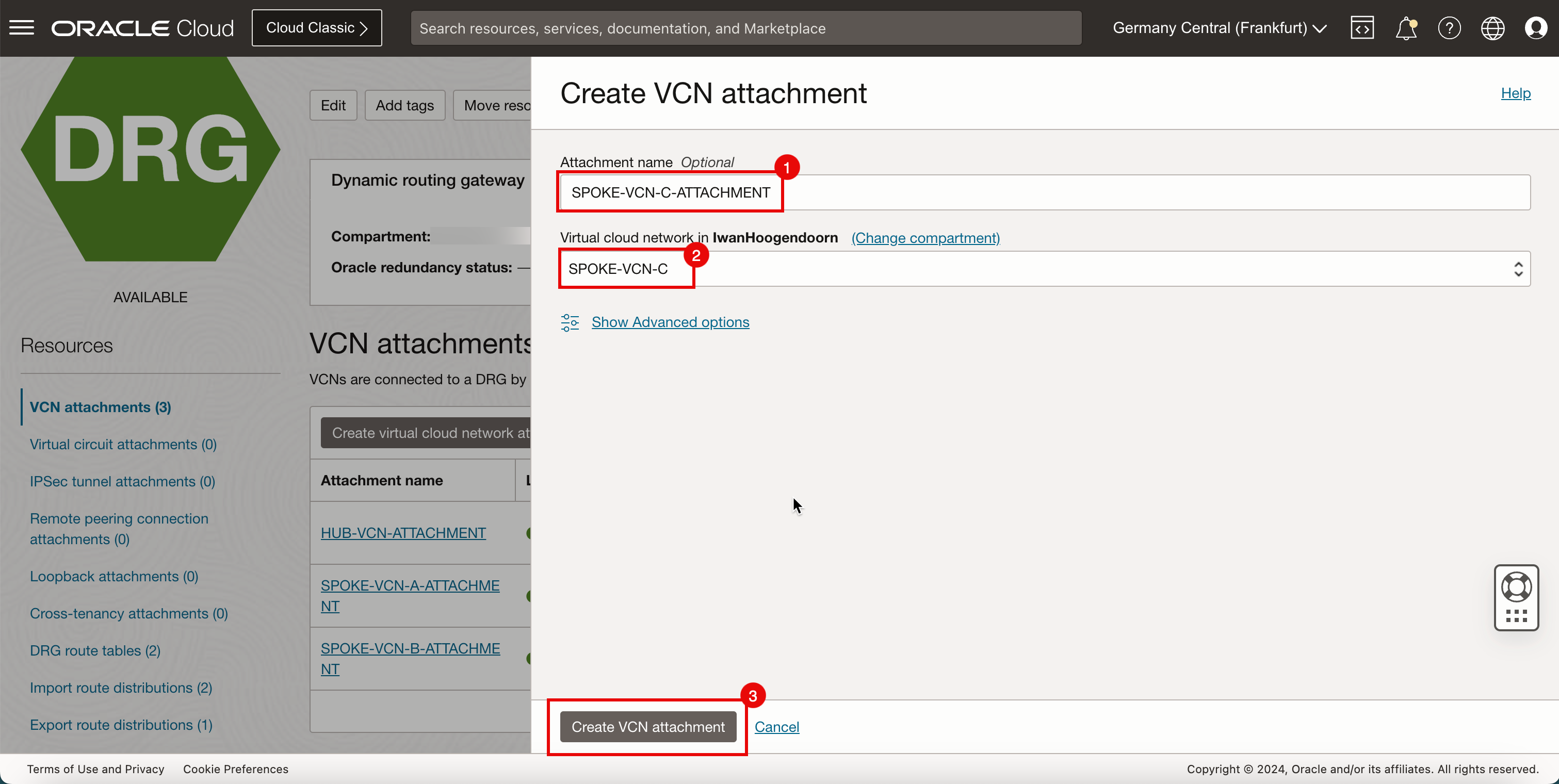

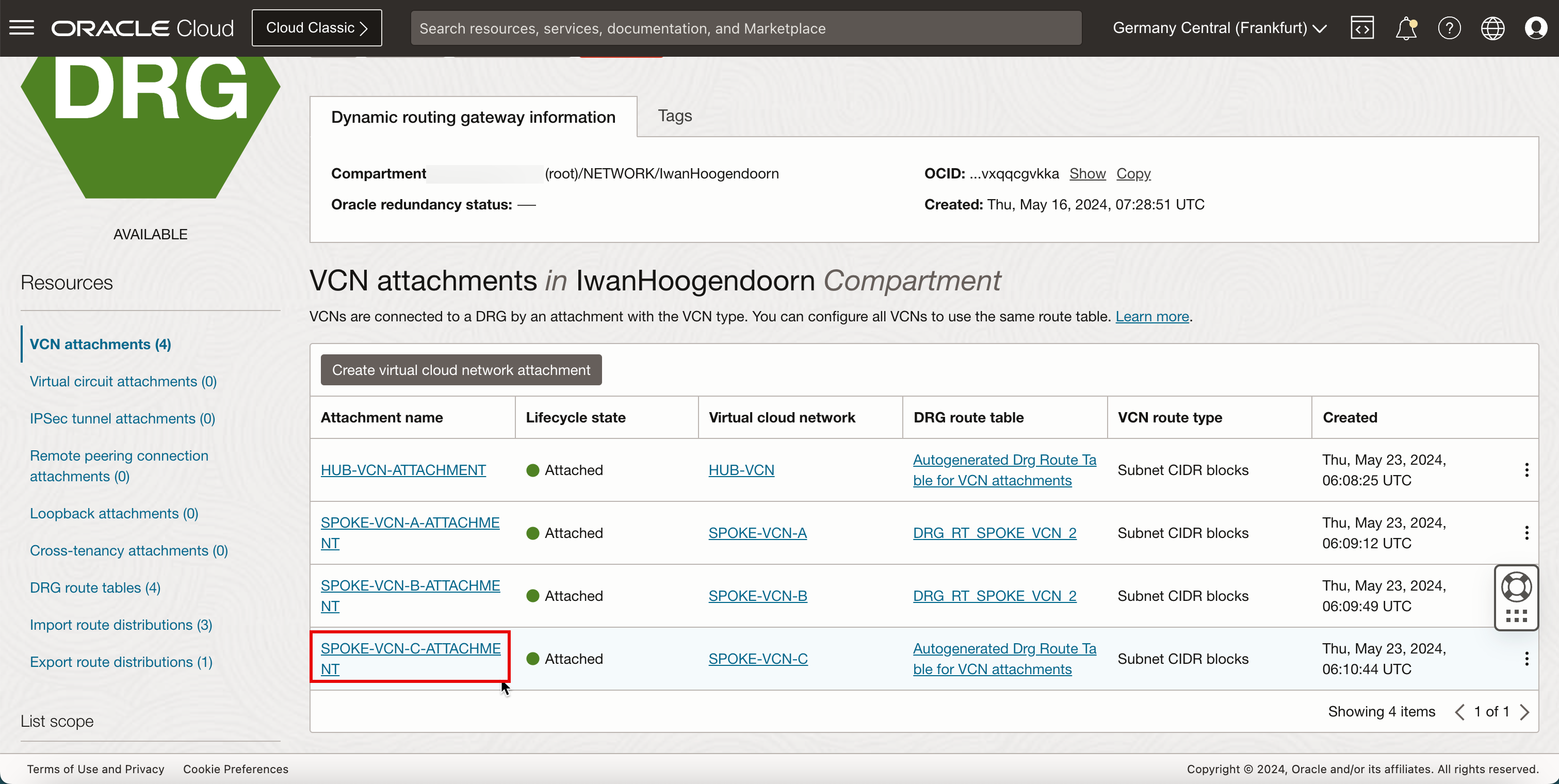

- 「仮想ネットワーク・アタッチメントの作成」をクリックして、次のアタッチメントを作成します。

- スポークVCN Cのアタッチメント名を入力します。

- スポークVCN Cを選択します。

- 「VCNアタッチメントの作成」をクリックします。

-

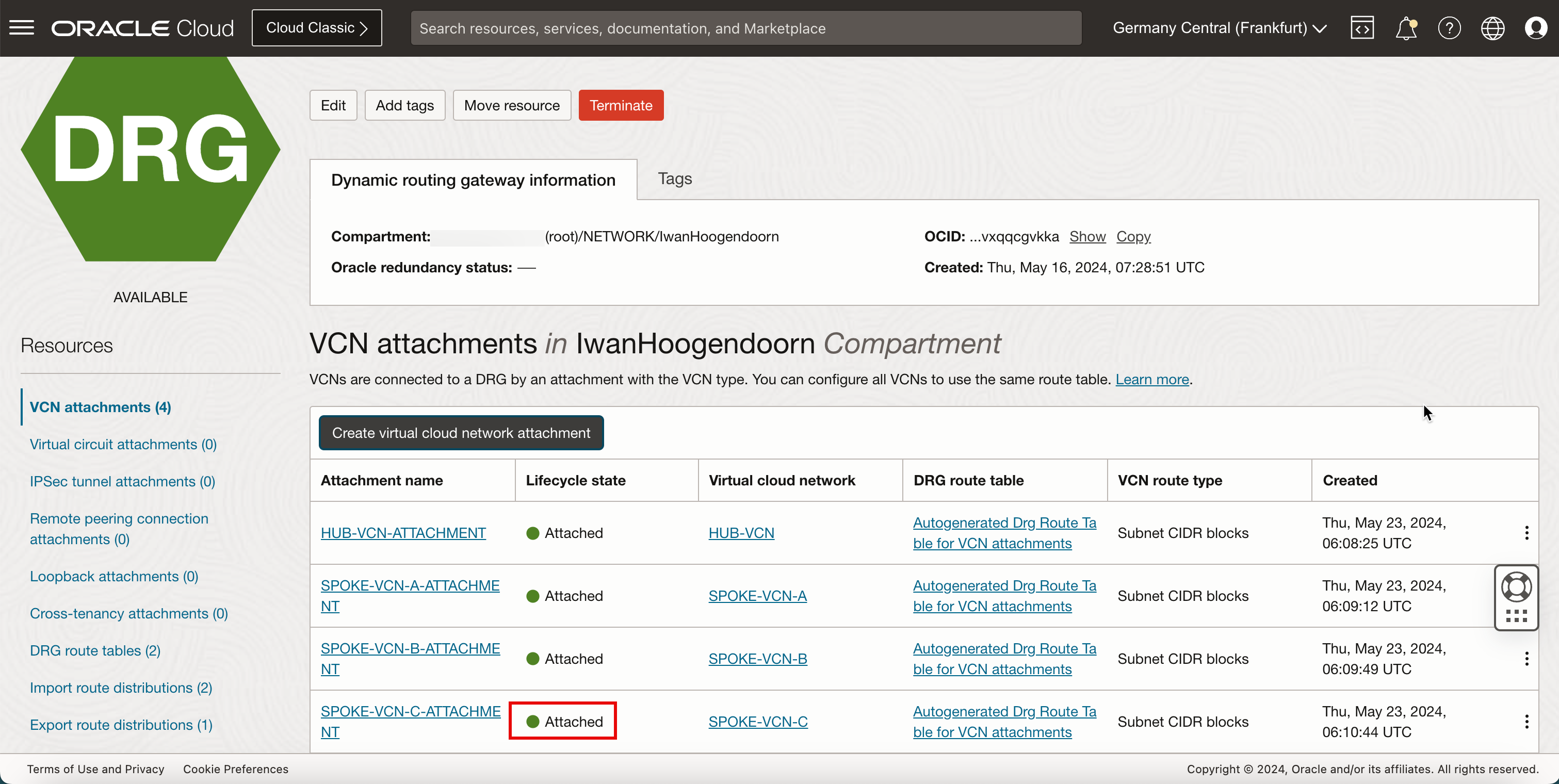

スポークVCN Cの状態が「アタッチ中」であることに注意してください。

-

スポークVCN Cの状態が「アタッチ済」に変更されていることに注意してください。

-

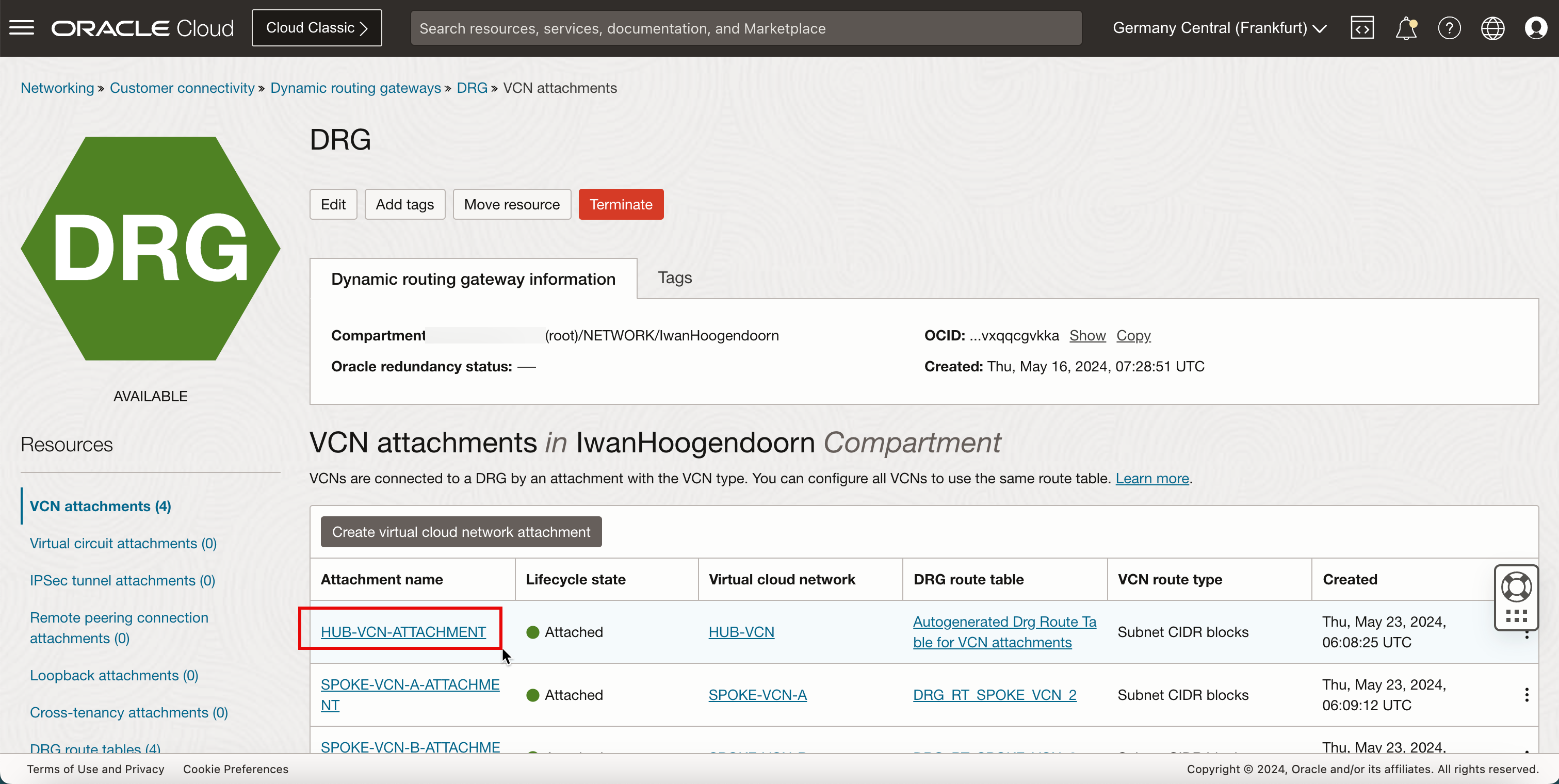

次の図は、これまでに作成したものを視覚的に示したものです。

タスク7.2: スポークVCNルーティング表の作成と構成

VCNルーティングテーブルとDRGルーティングテーブルの2種類のルーティングテーブルを作成する必要があります。

ノート:デフォルトでは、VCNを作成すると、デフォルトのルーティング表が作成されます。

-

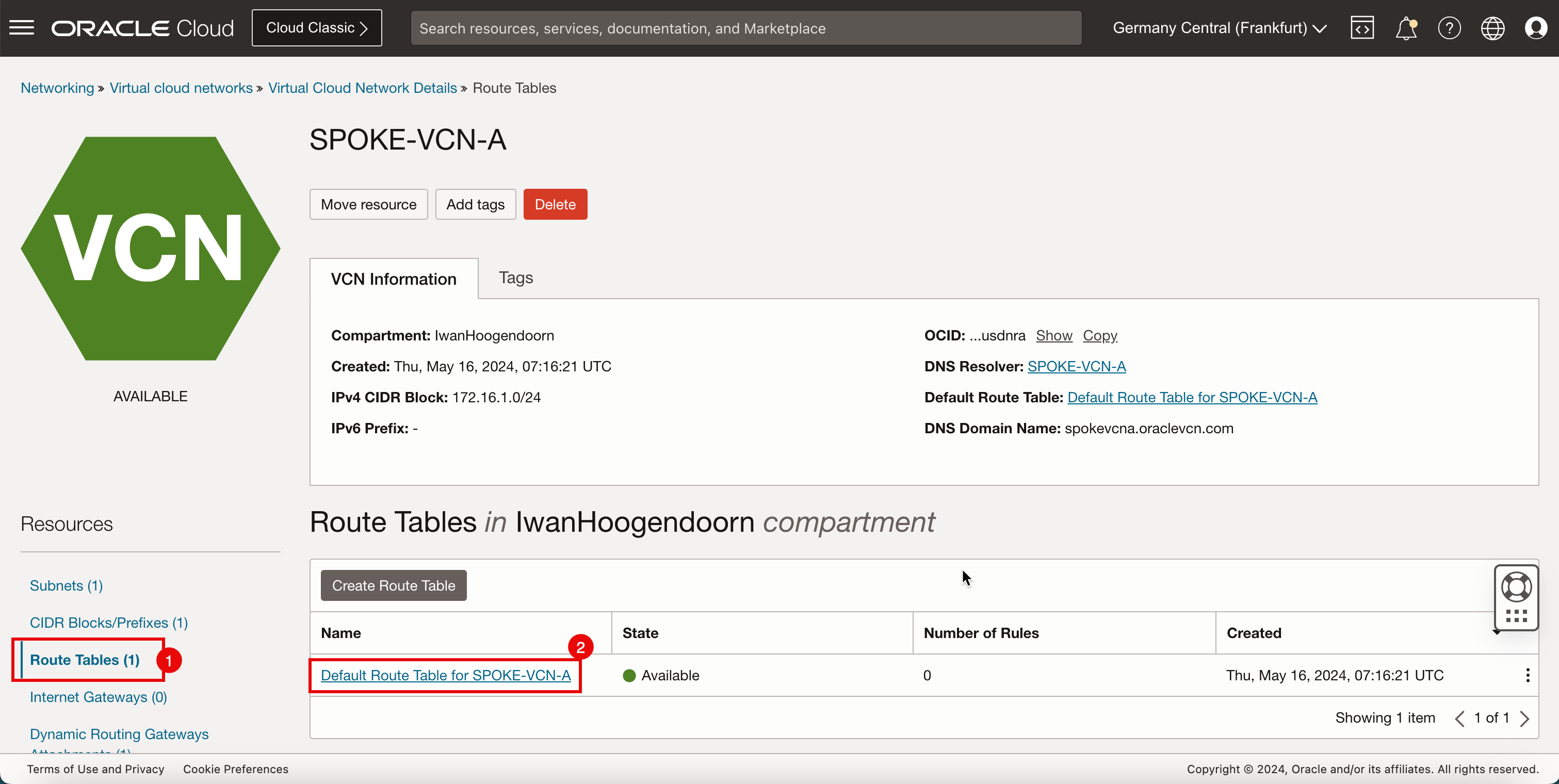

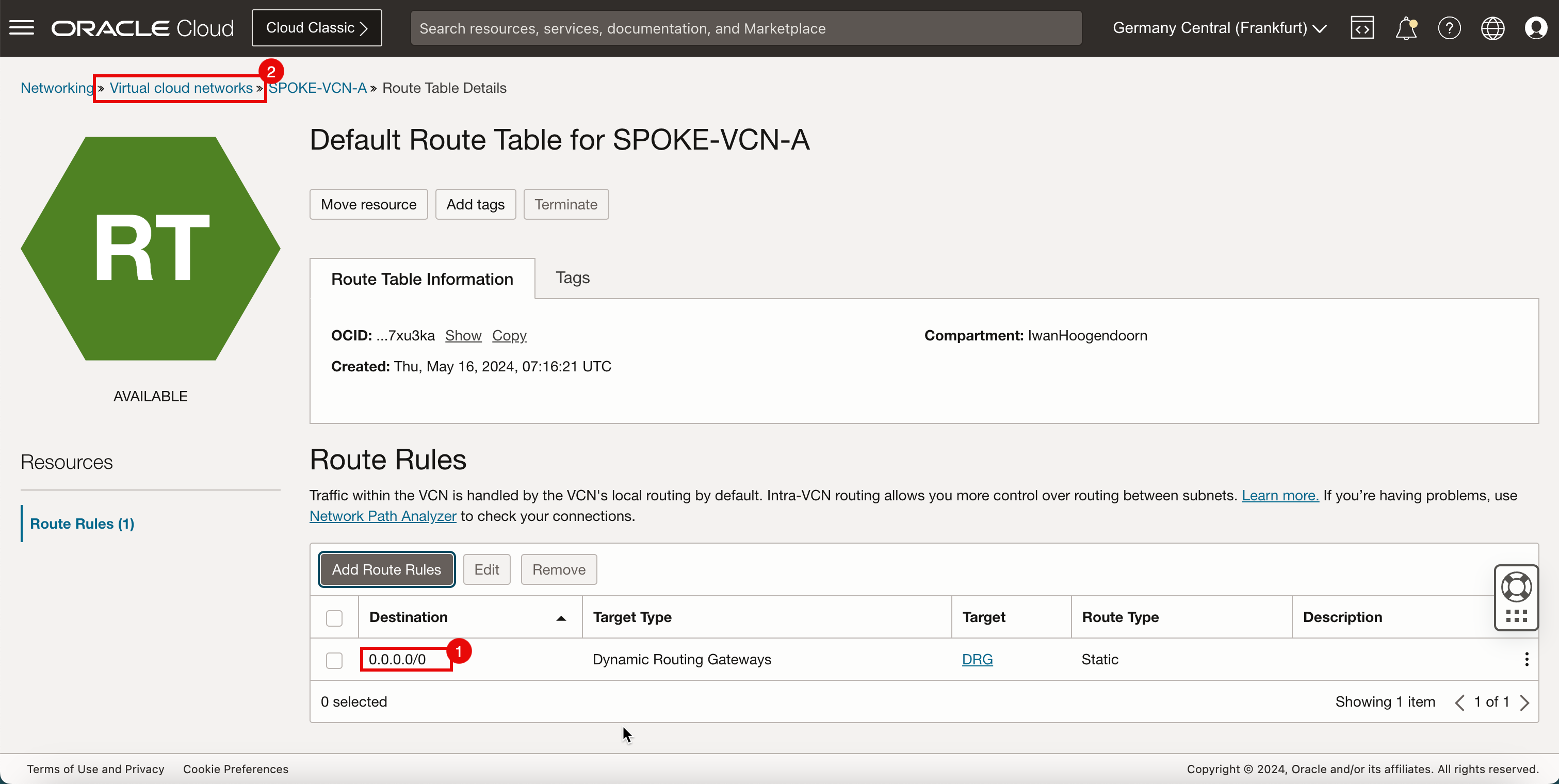

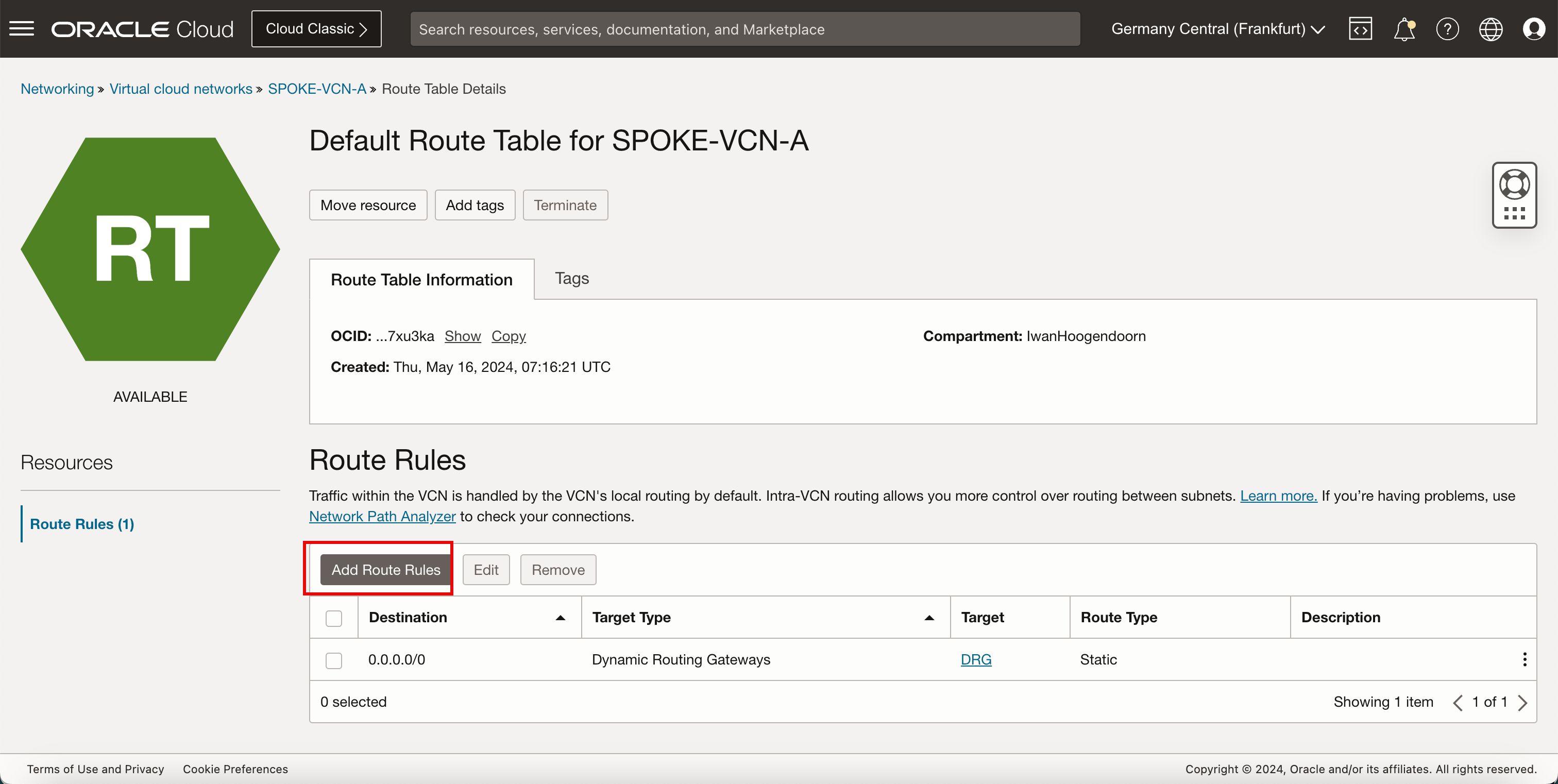

スポークVCN Aには、デフォルトのVCNルーティング表のみがあります。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 - 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「仮想クラウド・ネットワーク」をクリックします。

-

「スポークVCN A」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Aのデフォルト・ルート表」をクリックします。

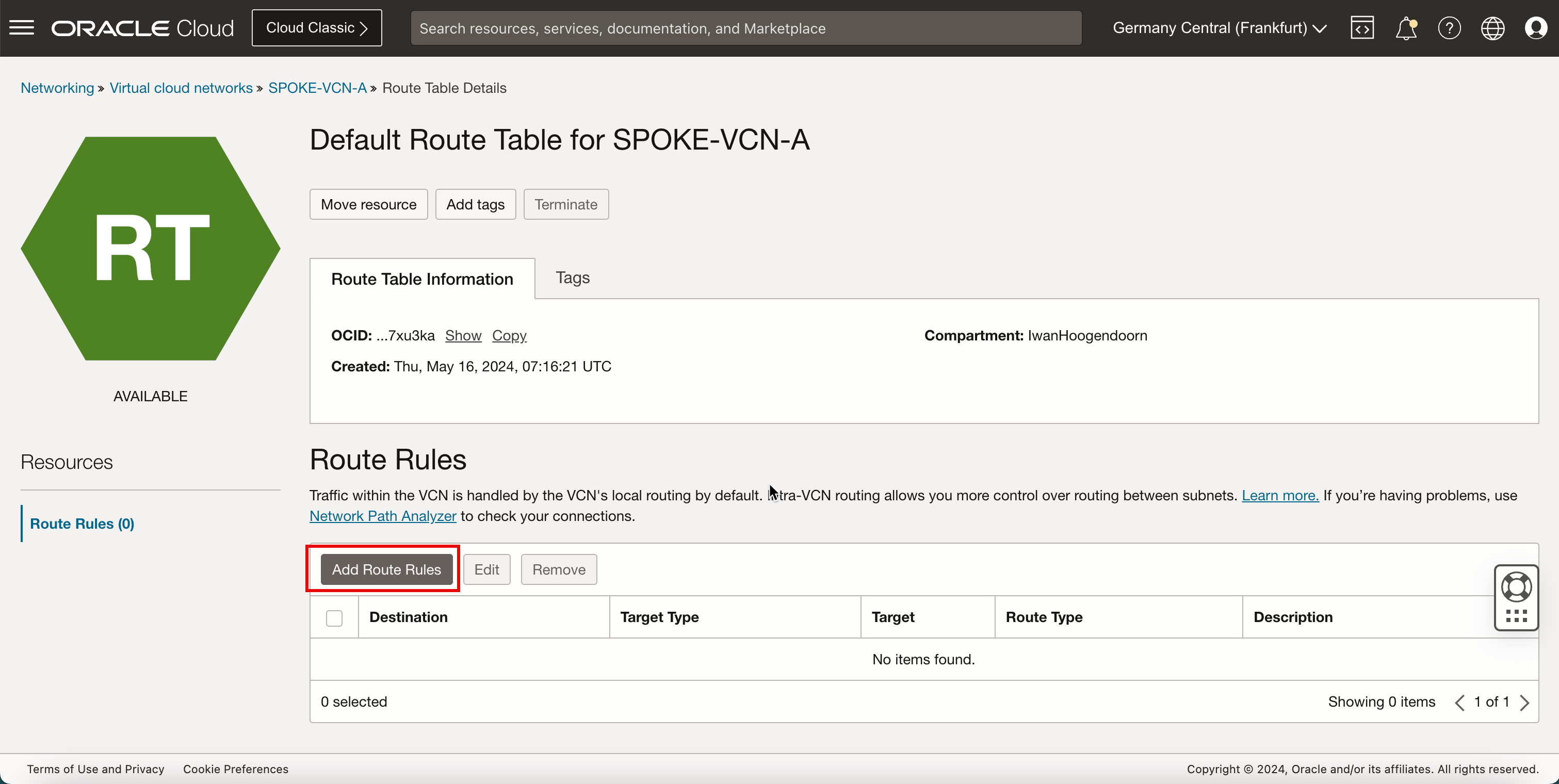

-

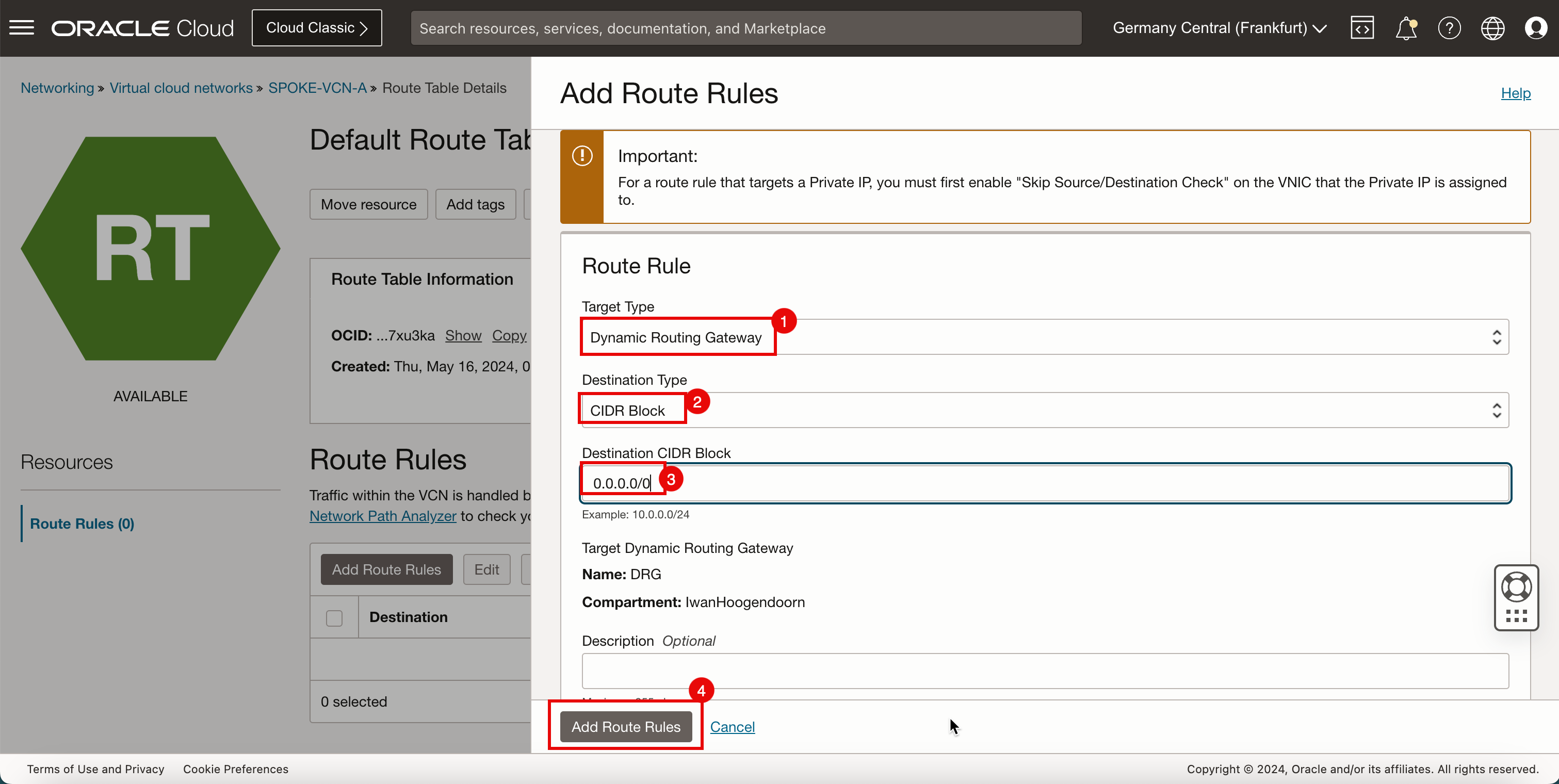

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 「ルート・ルールの追加」をクリックします。

-

このルールは、スポークVCN AからのすべてのトラフィックをDRGにルーティングします。

- これで、

0.0.0.0/0ルートがスポークVCN Aのデフォルト・ルート表に追加されました。 - 「仮想クラウド・ネットワーク」をクリックして、「VCN」ページに戻ります。

- これで、

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

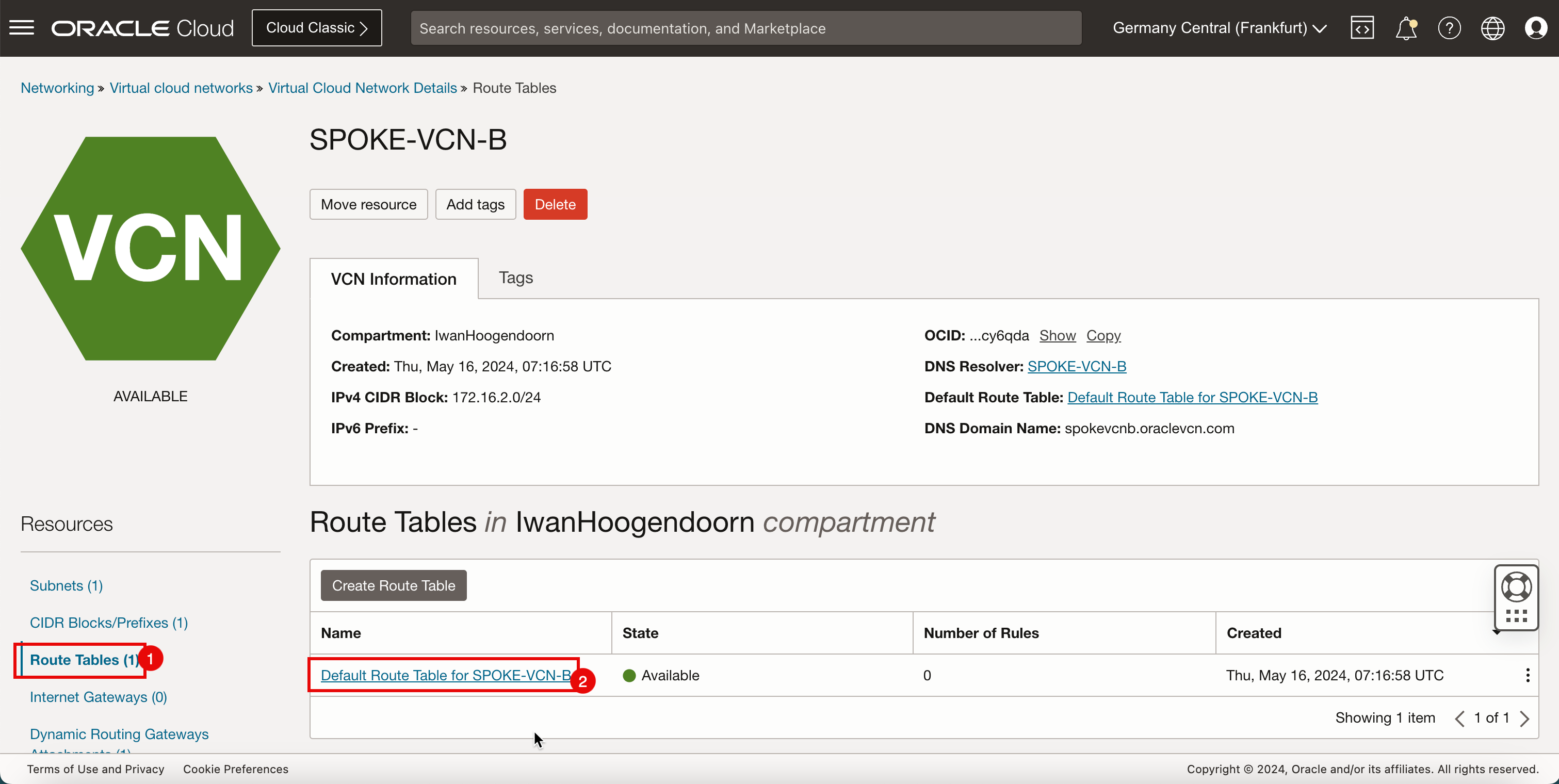

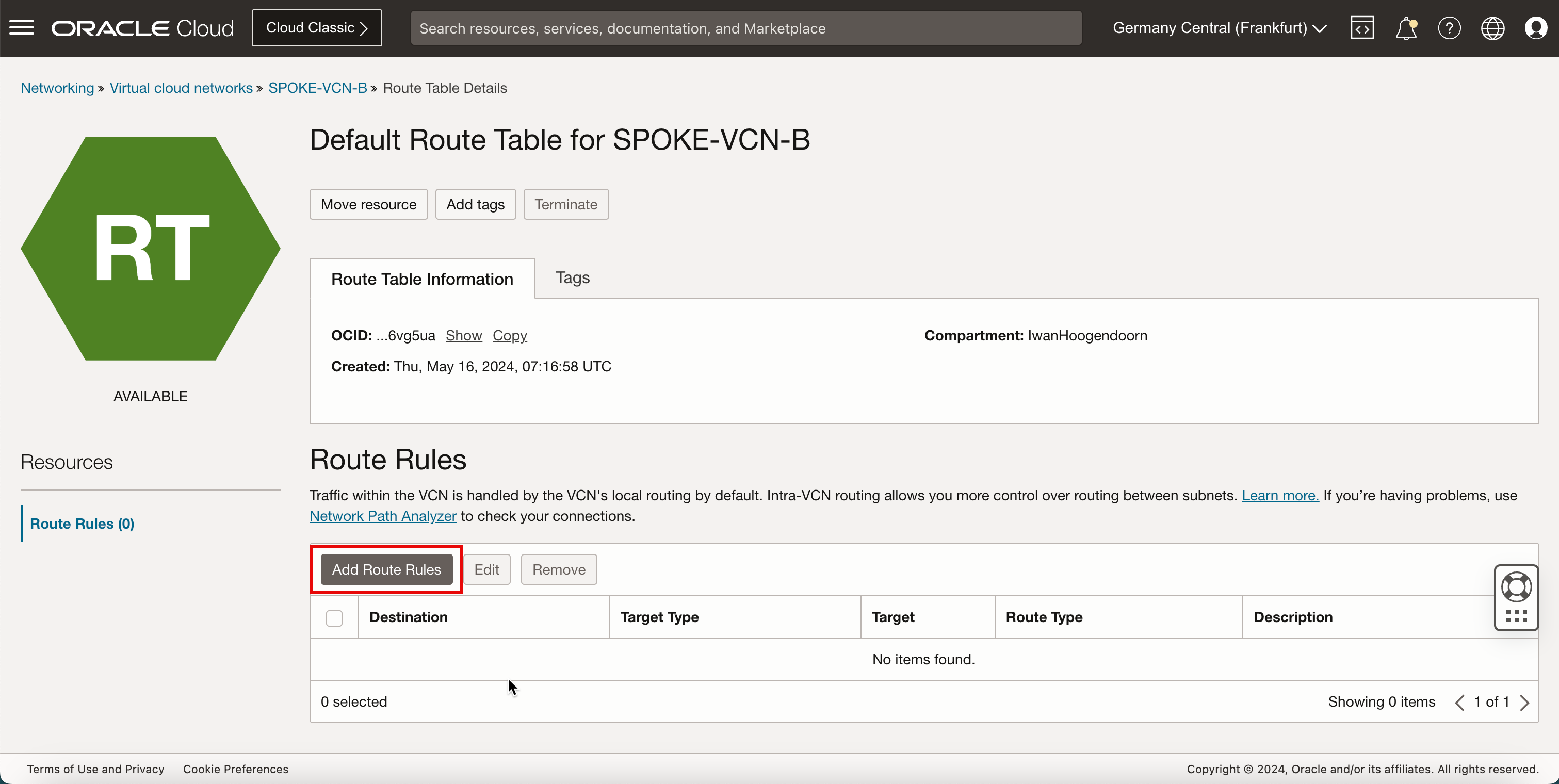

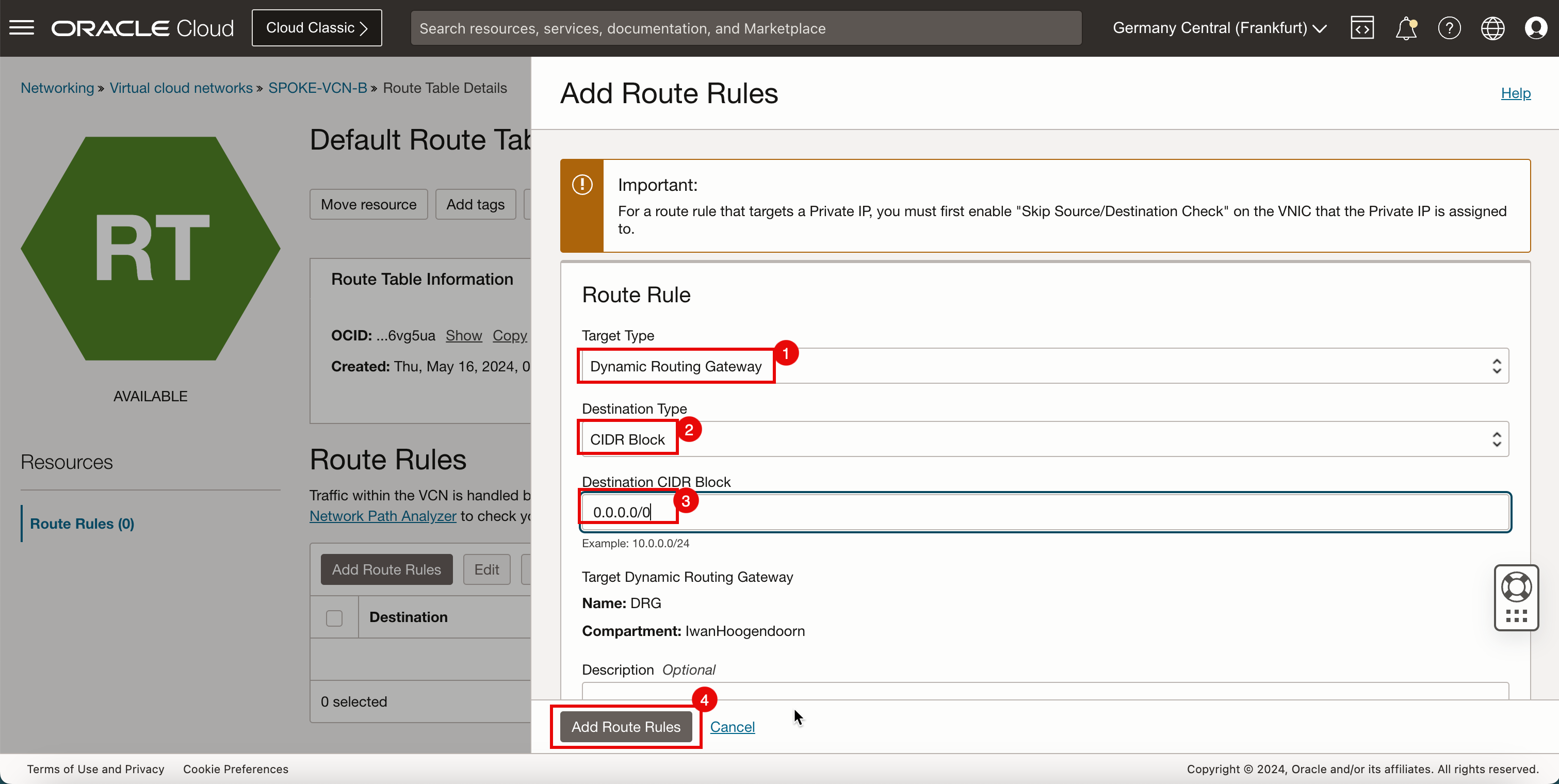

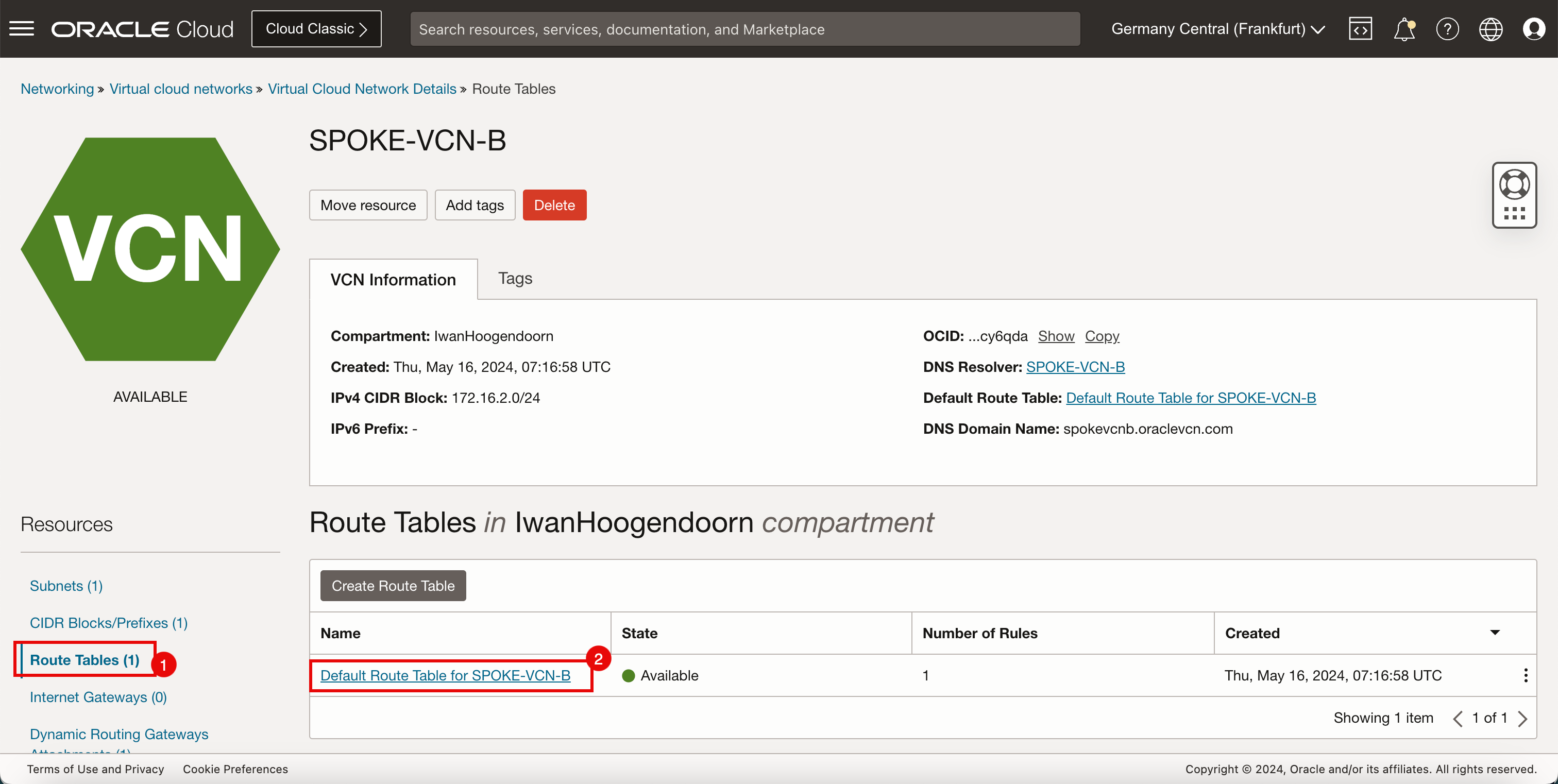

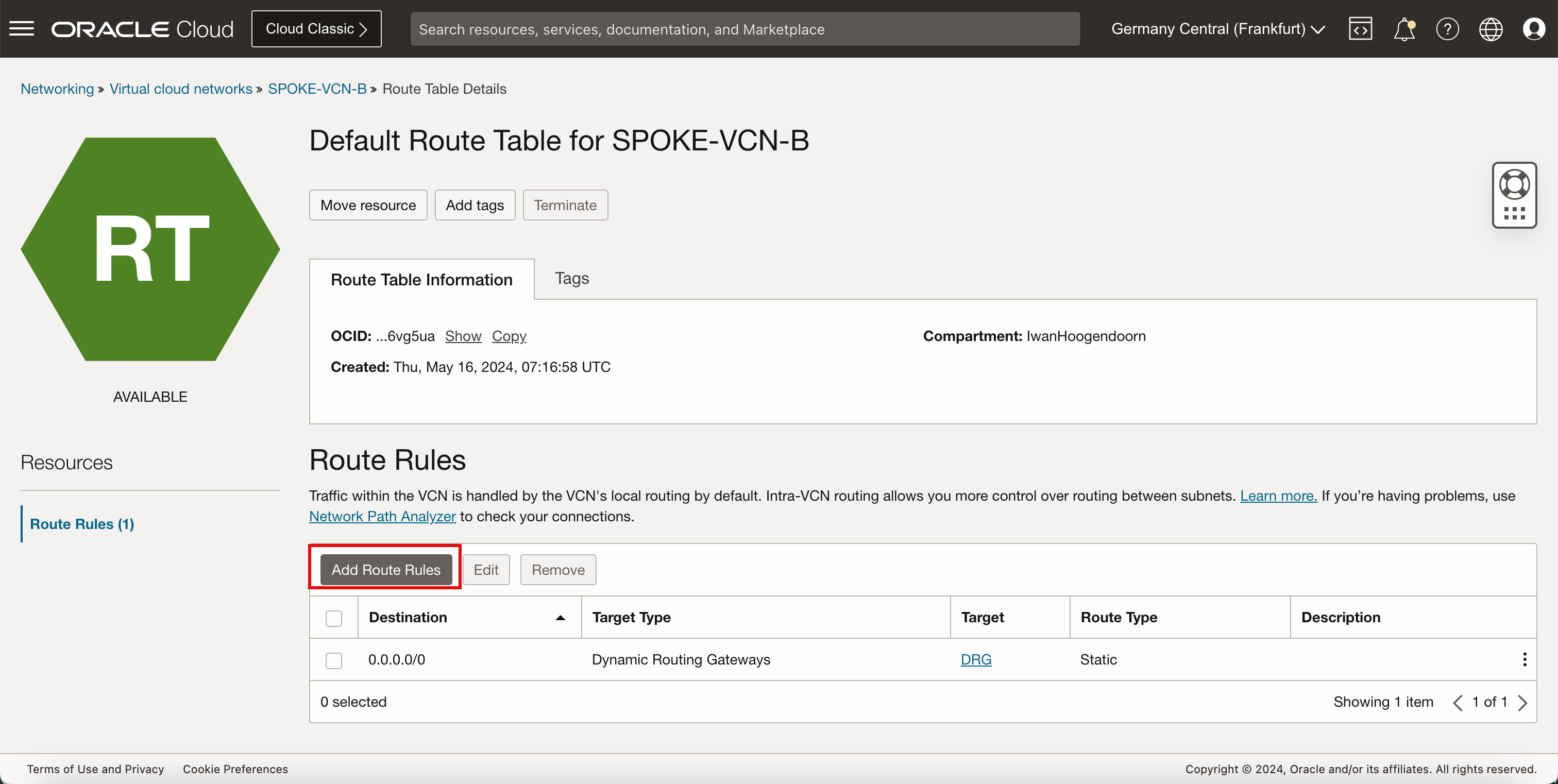

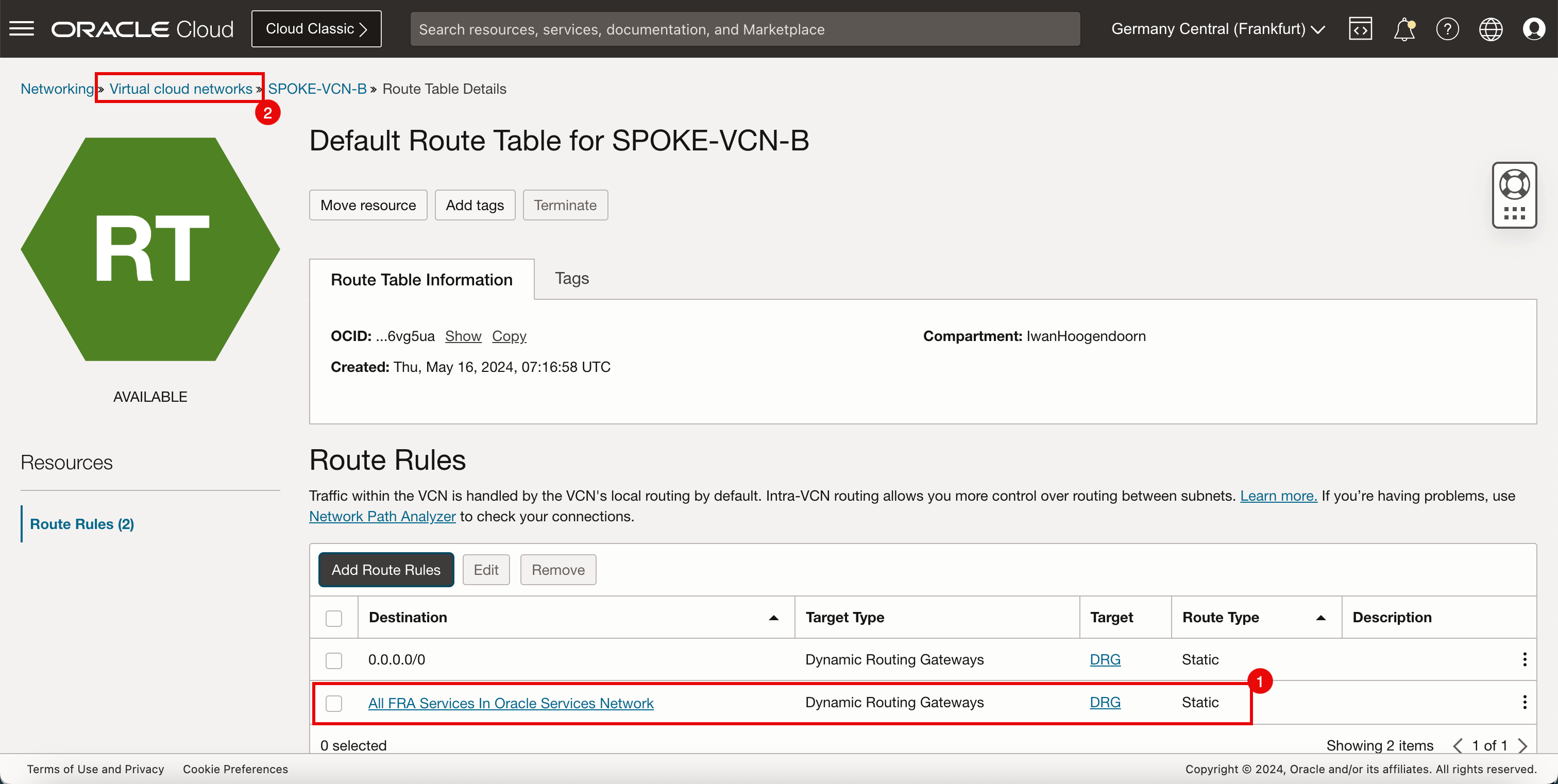

スポークVCN Bには、デフォルトのVCNルーティング表のみが含まれます。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 -

「スポークVCN B」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Bからのデフォルト・ルート表」をクリックします。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 「ルート・ルールの追加」をクリックします。

-

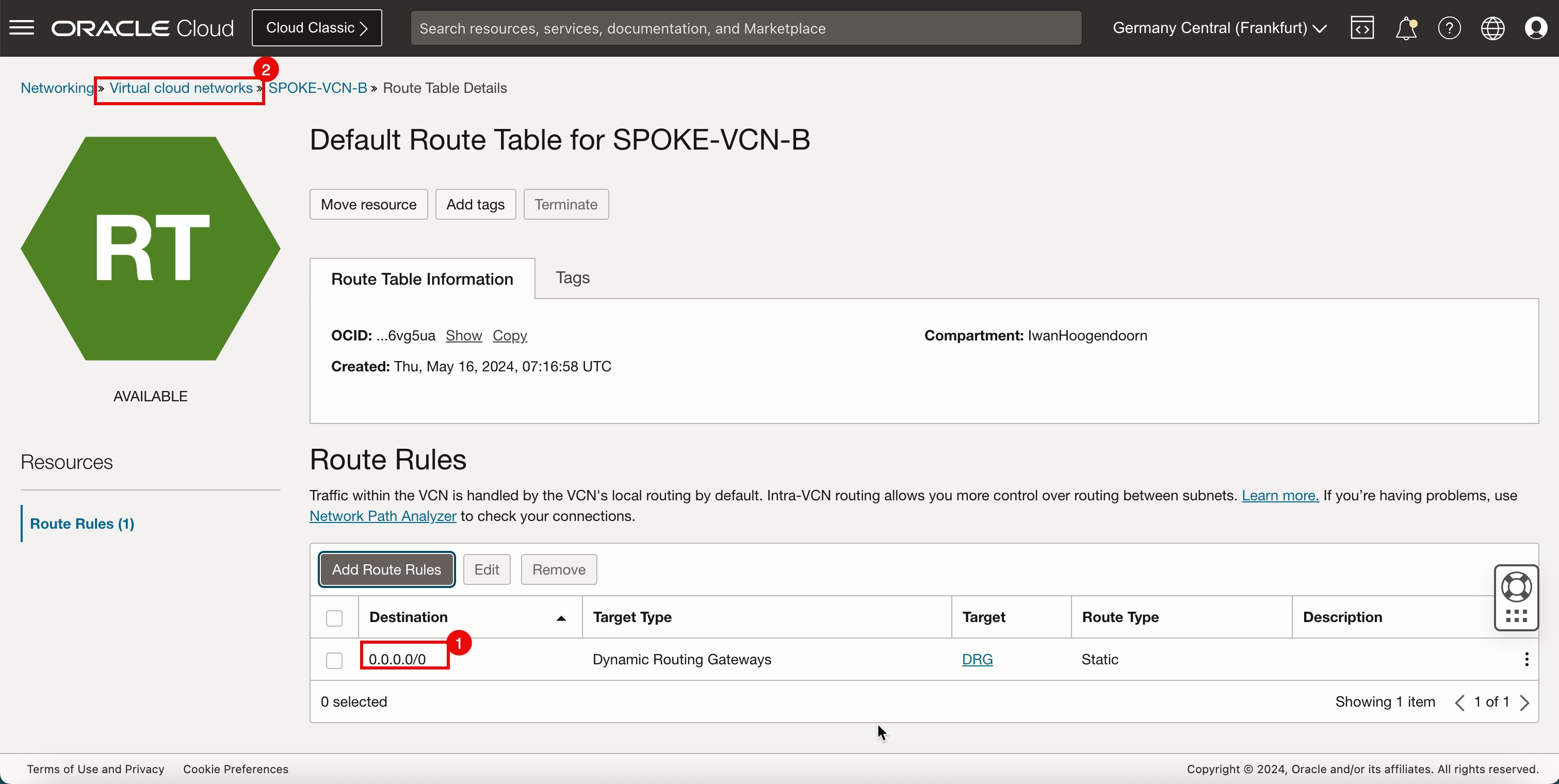

このルールは、スポークVCN BからのすべてのトラフィックをDRGにルーティングします。

- これで、

0.0.0.0/0ルートがスポークVCN Bのデフォルト・ルート表に追加されました。 - 「仮想クラウド・ネットワーク」をクリックして、「VCN」ページに戻ります。

- これで、

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

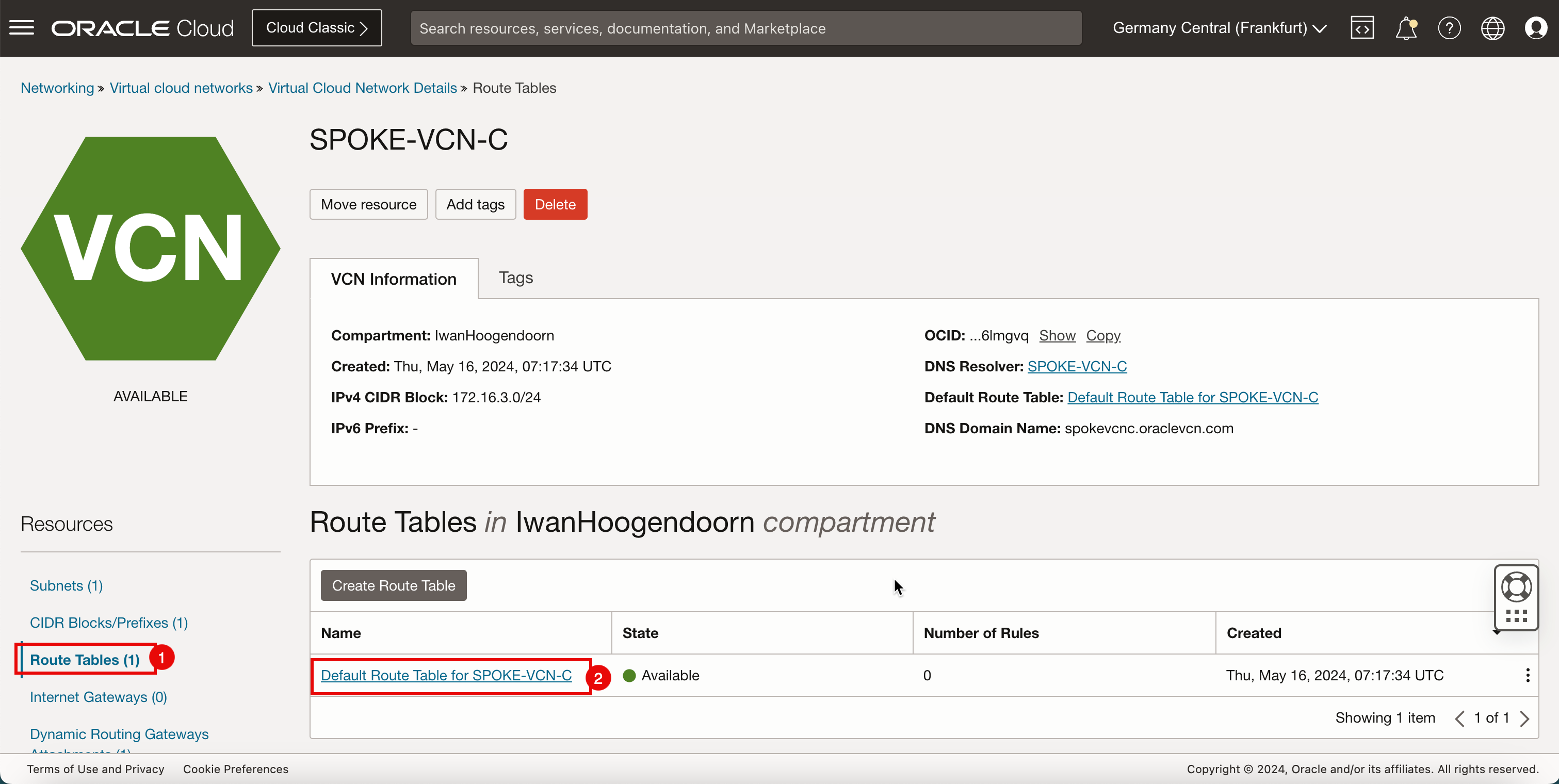

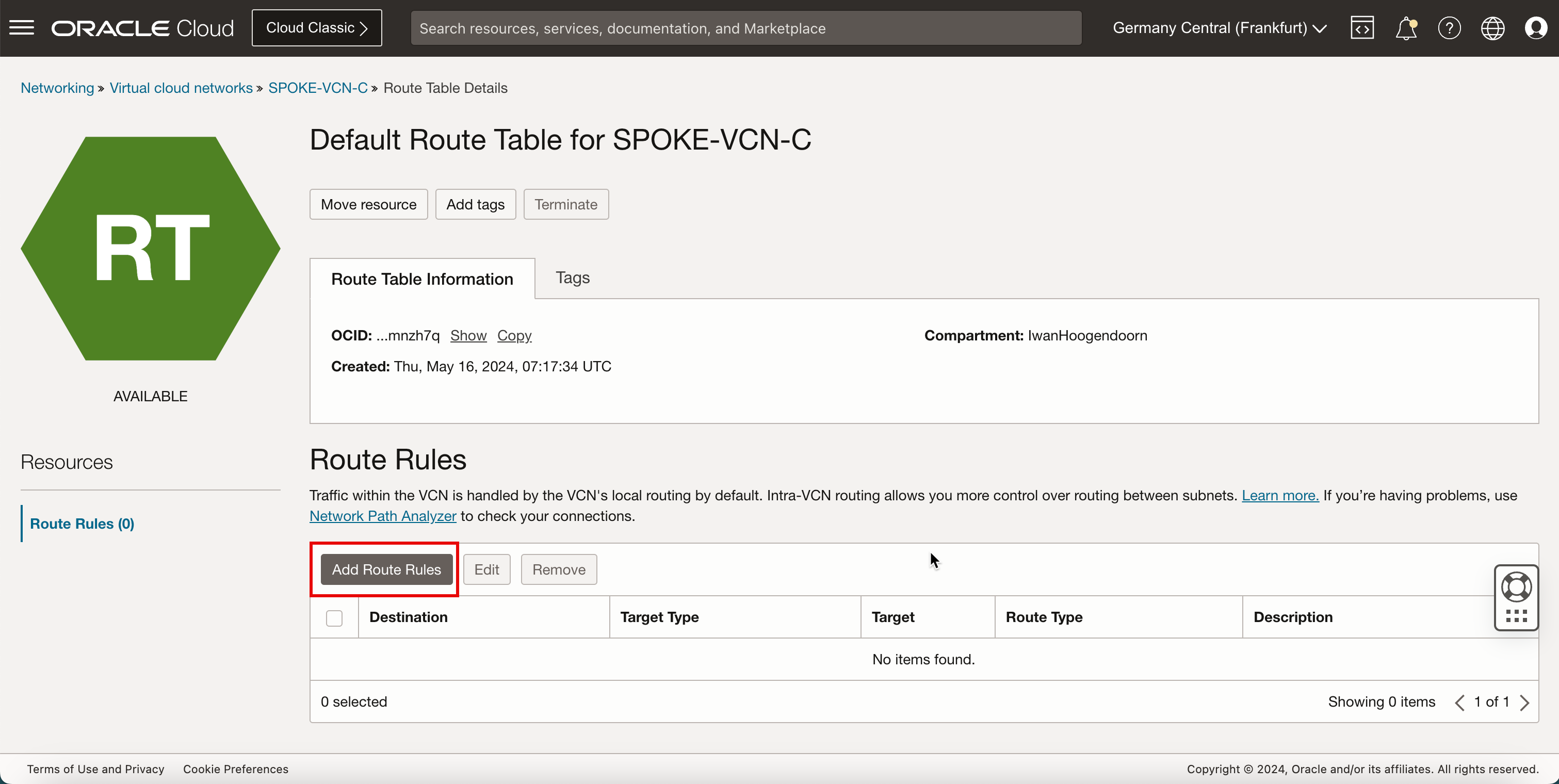

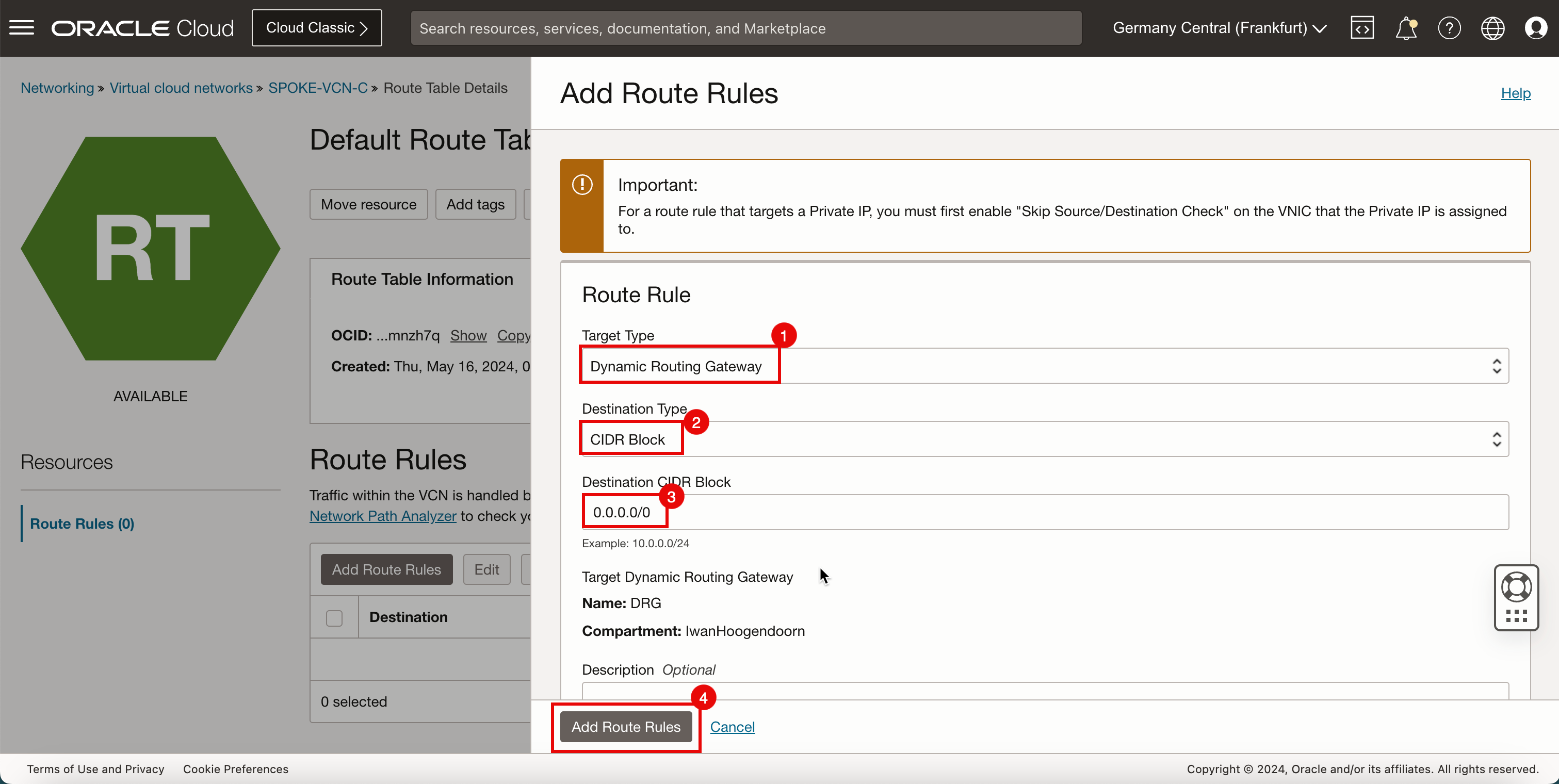

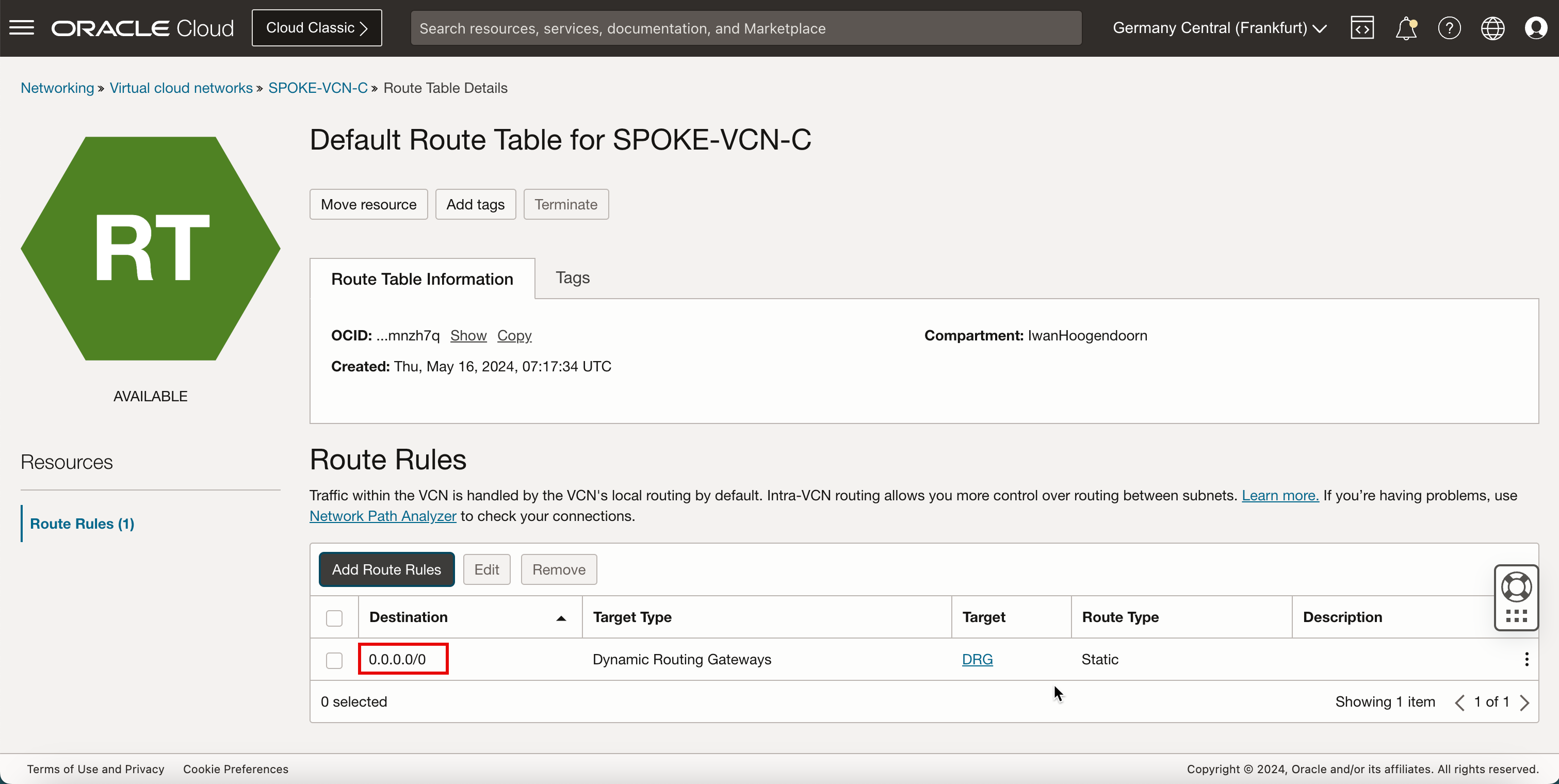

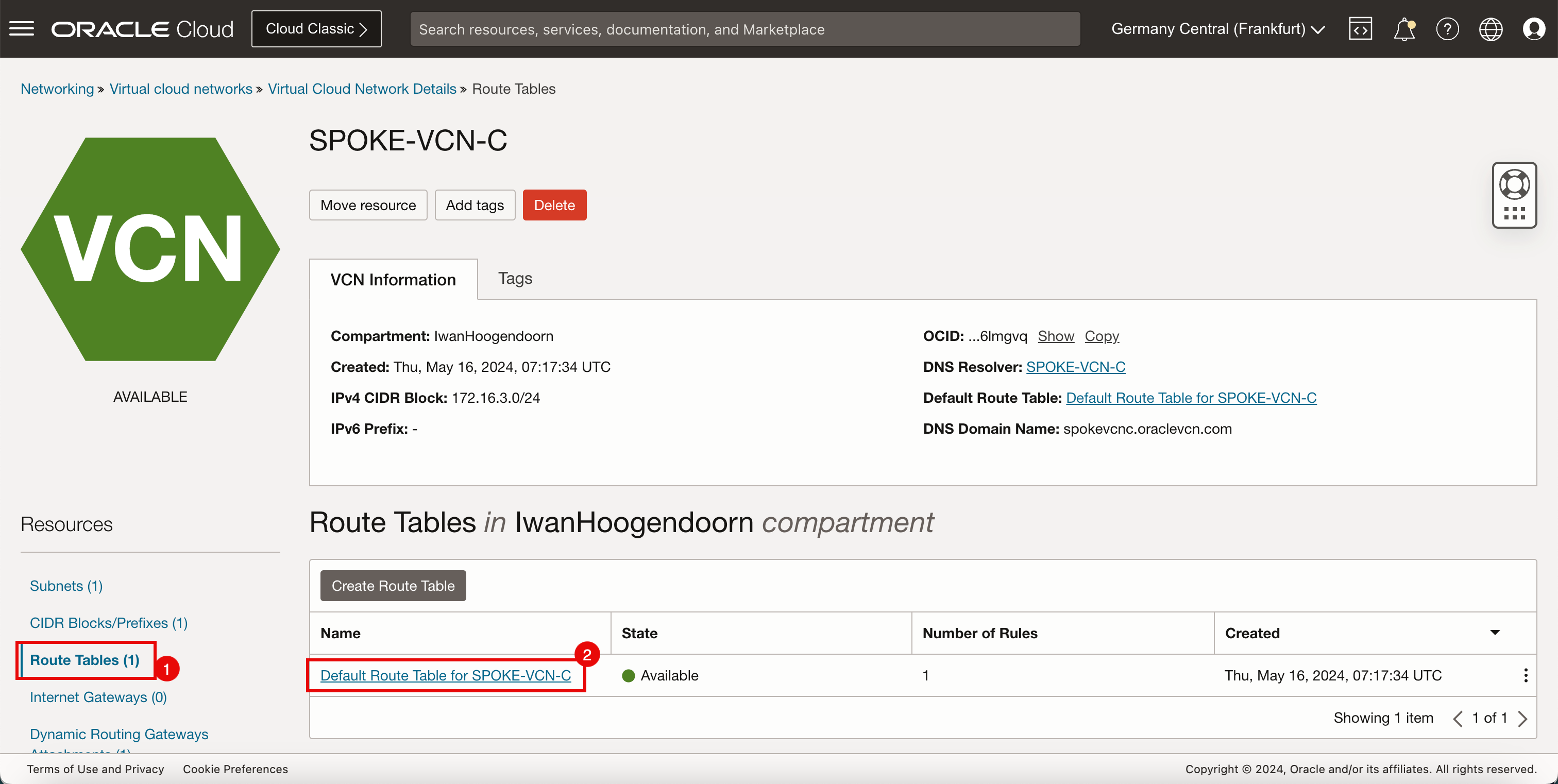

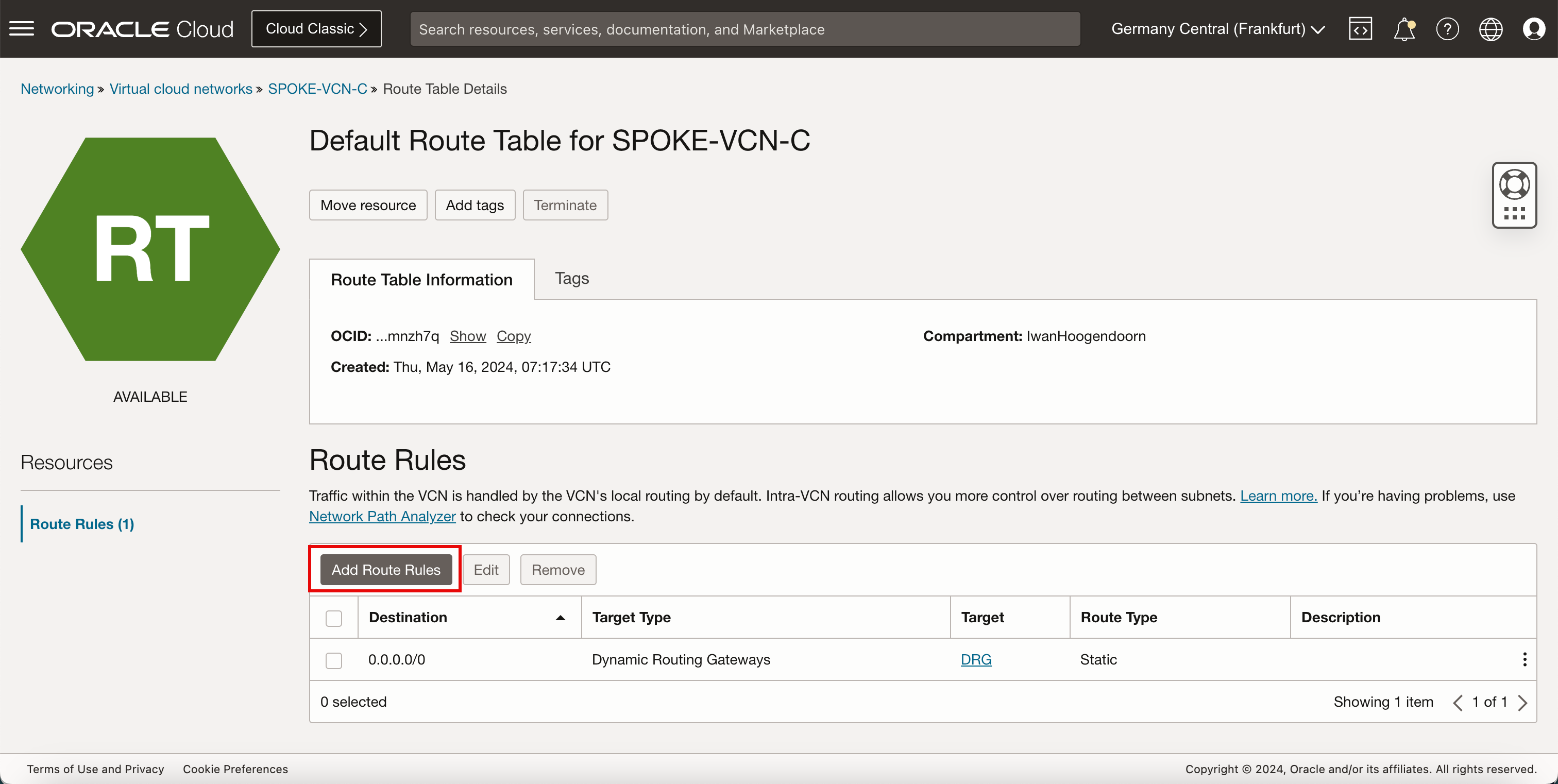

スポークVCN Cには、デフォルトのVCNルーティング表のみが含まれます。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 -

「スポークVCN C」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Cのデフォルト・ルート表」をクリックします。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 「ルート・ルールの追加」をクリックします。

-

このルールは、スポークVCN CからのすべてのトラフィックをDRGにルーティングします。

-

これで、

0.0.0.0/0ルートがスポークVCN Cのデフォルト・ルート表に追加されました。

-

次の図は、これまでに作成したものを視覚的に示したものです。

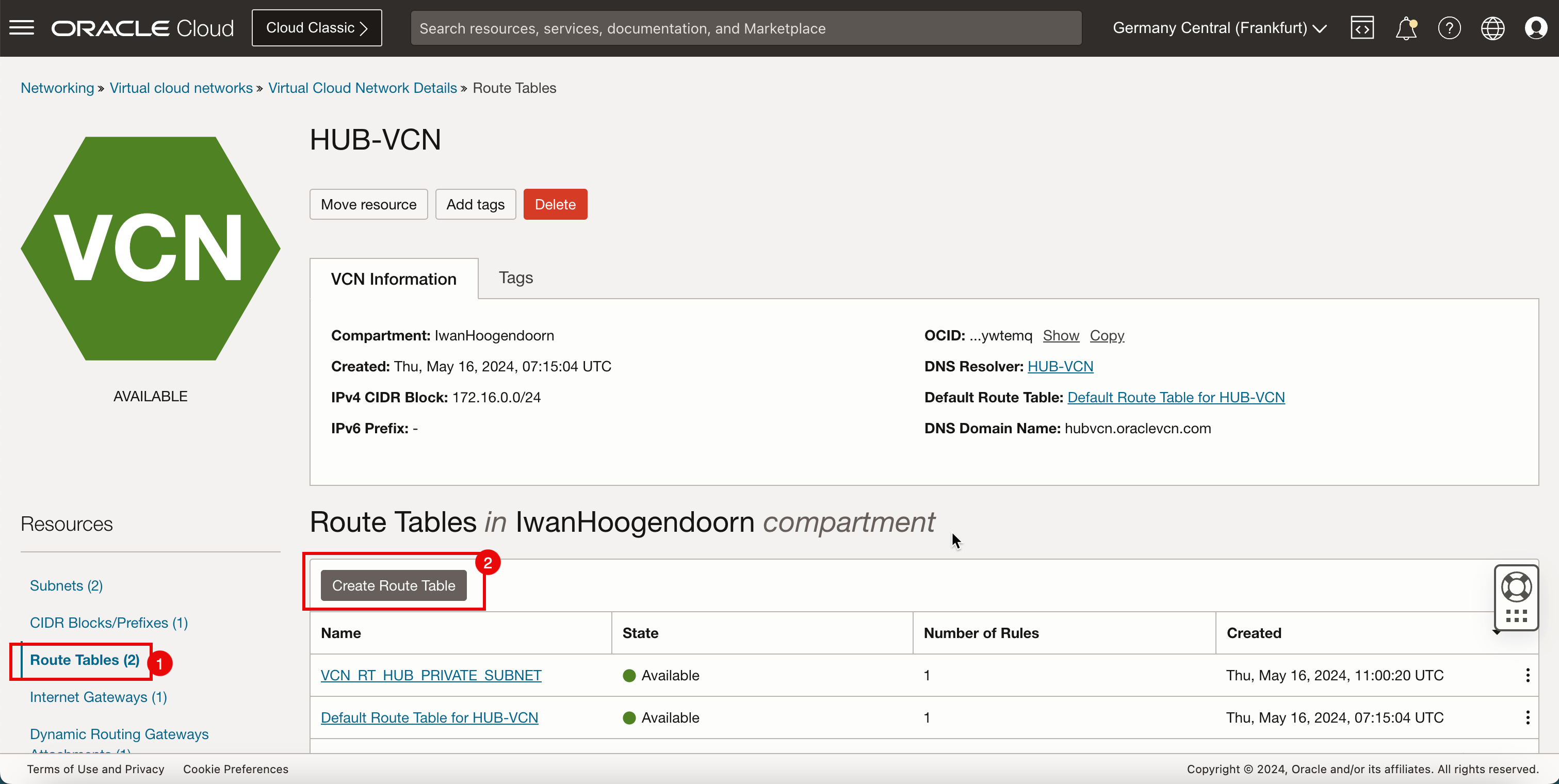

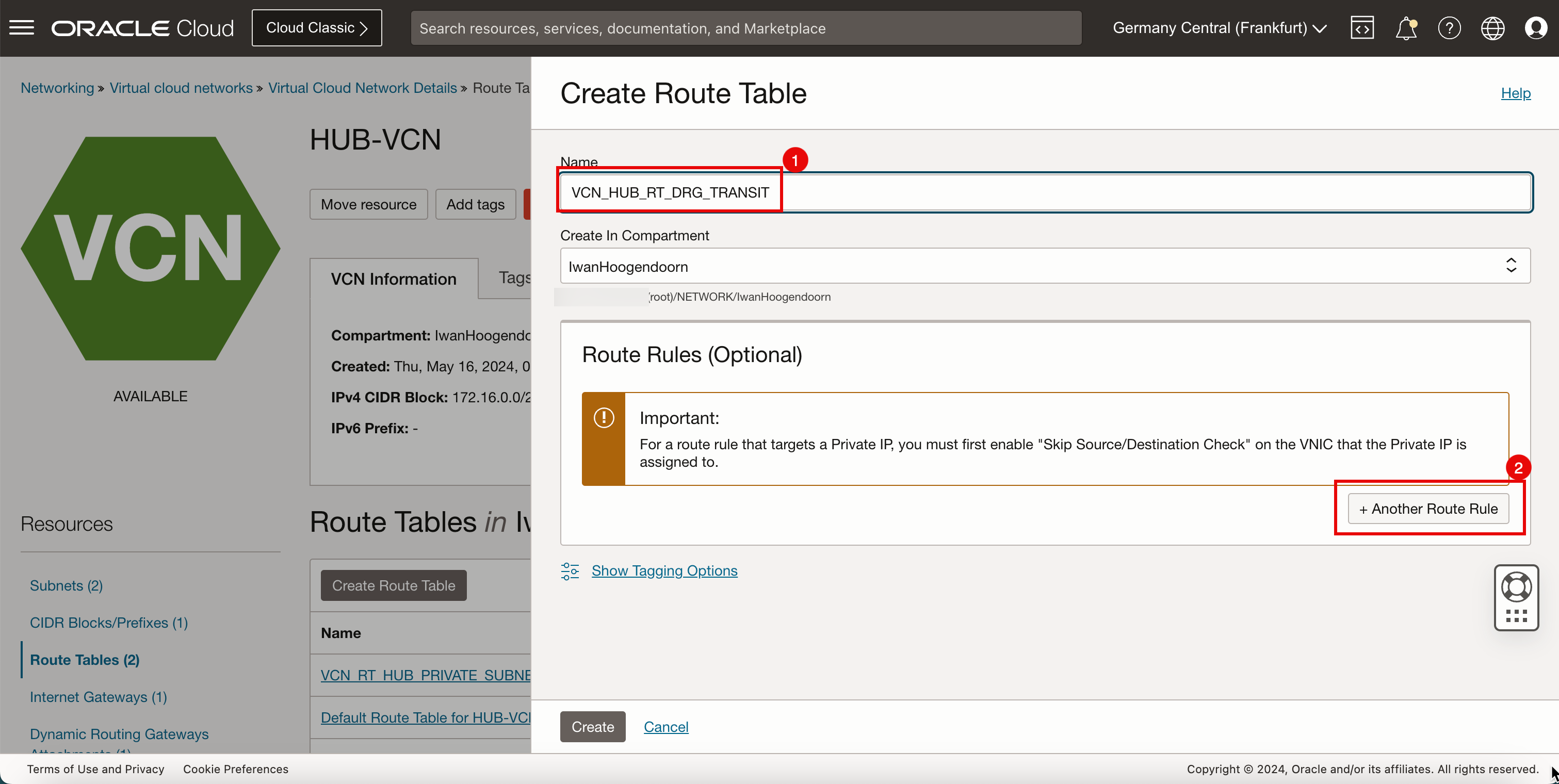

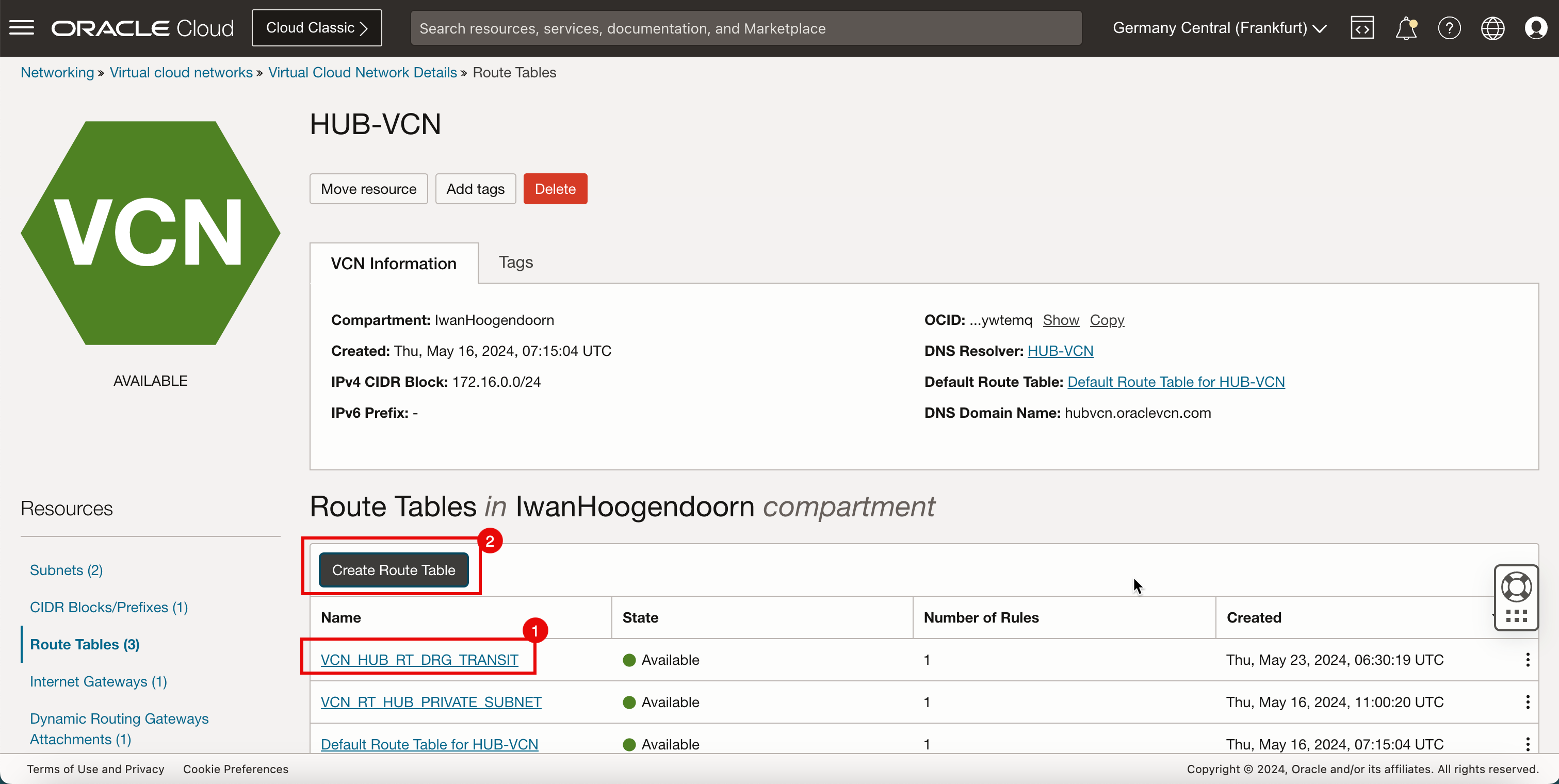

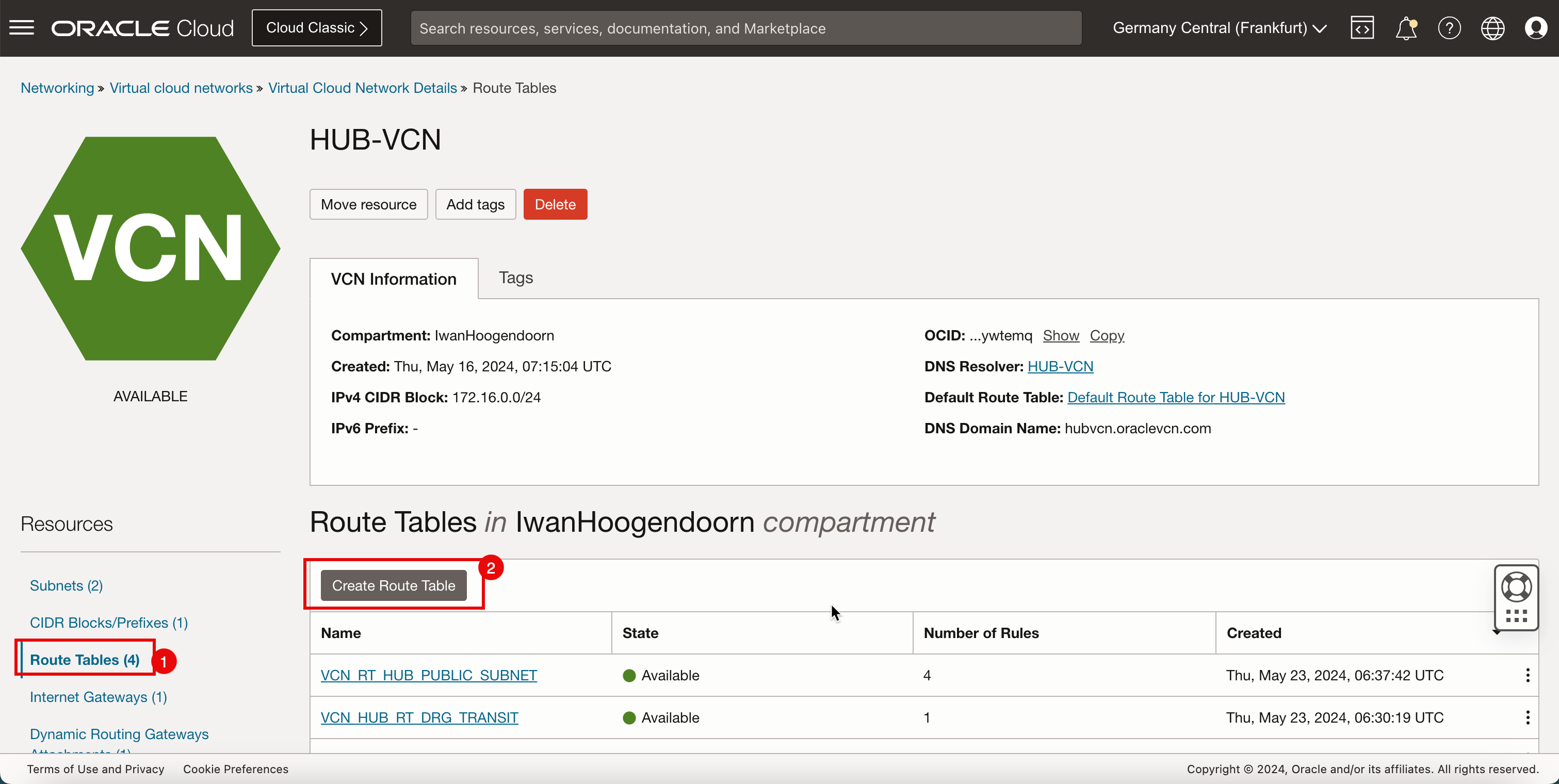

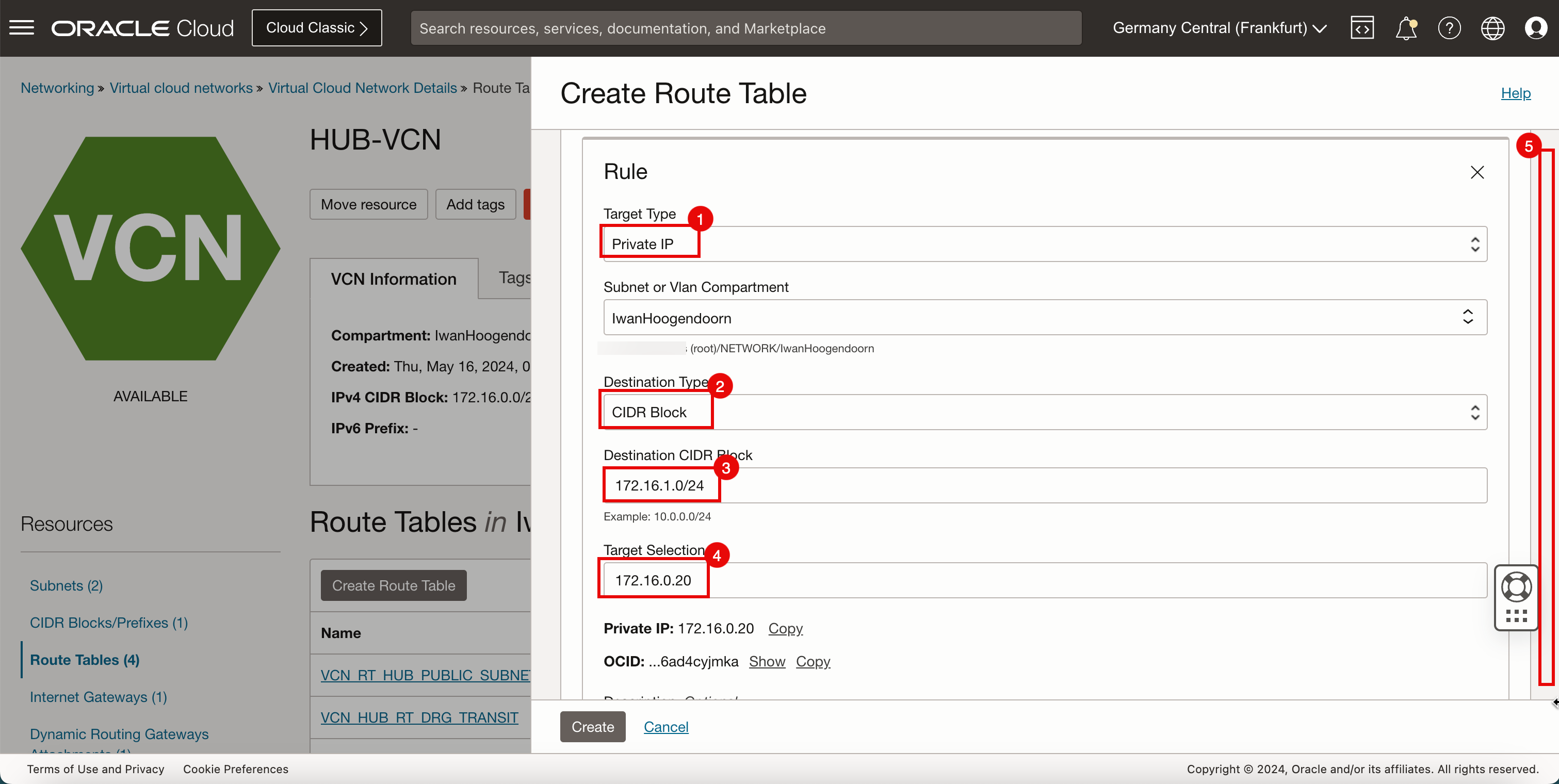

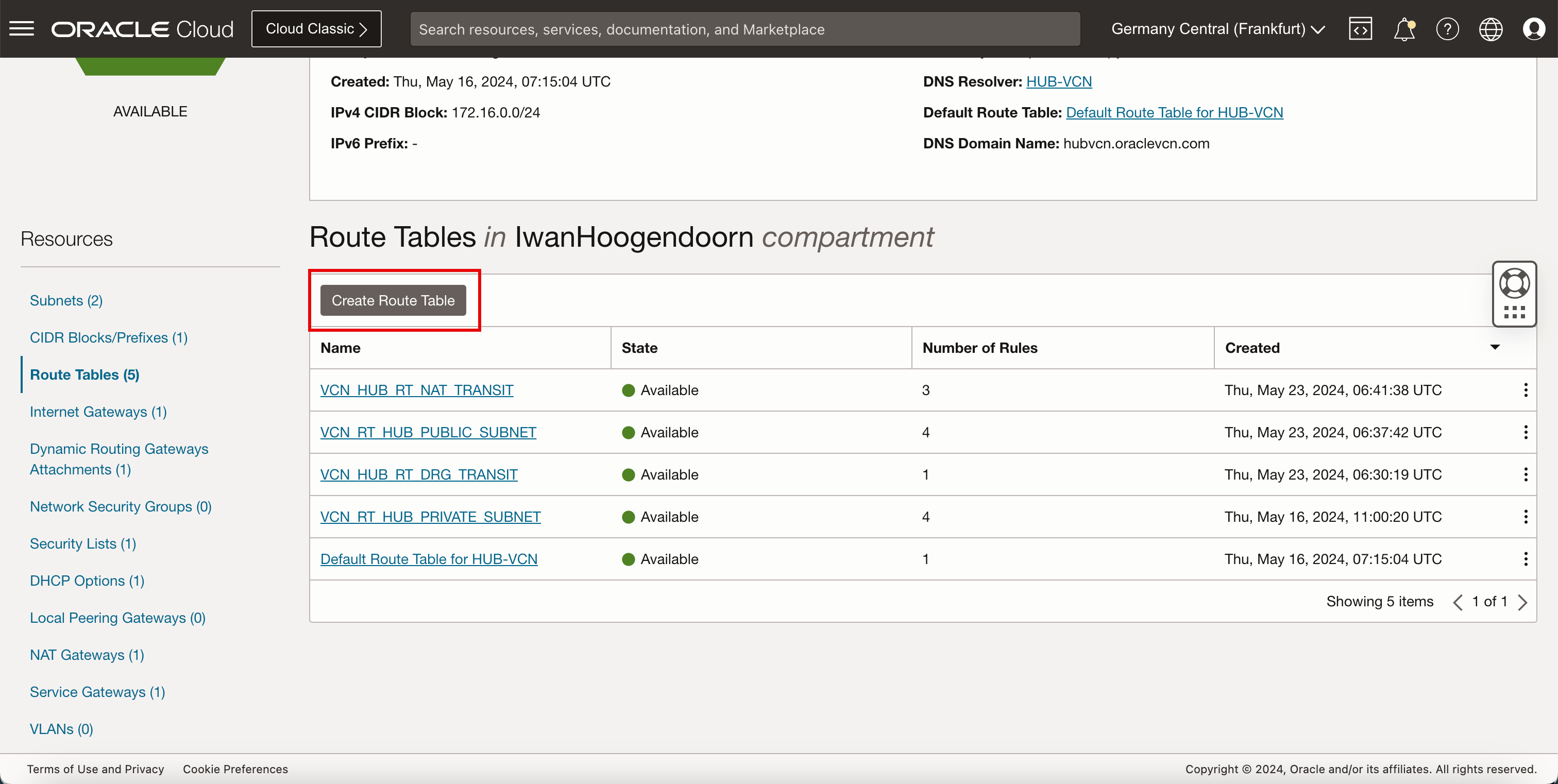

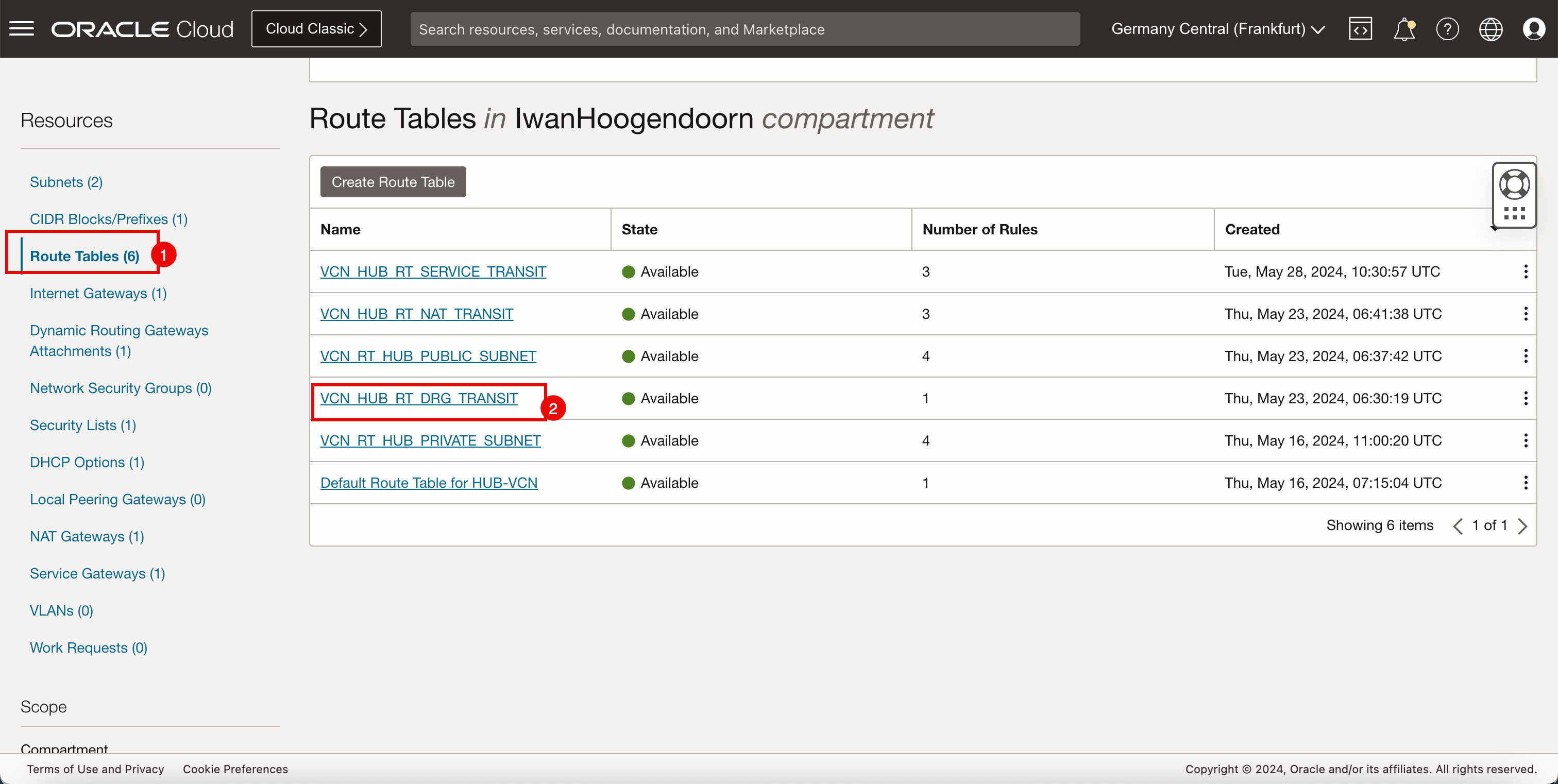

タスク7.3: ハブVCNルーティング表の作成と構成

-

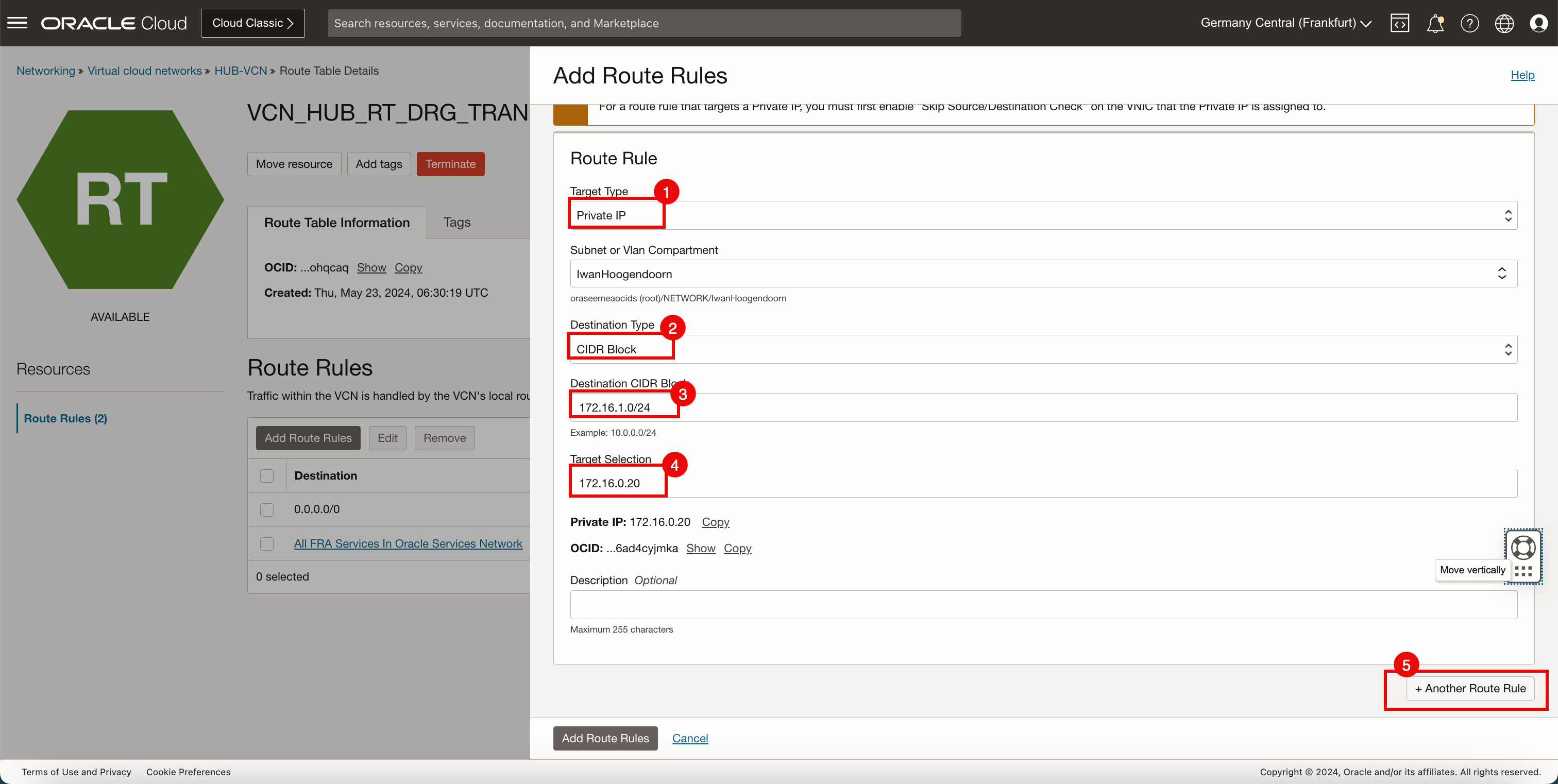

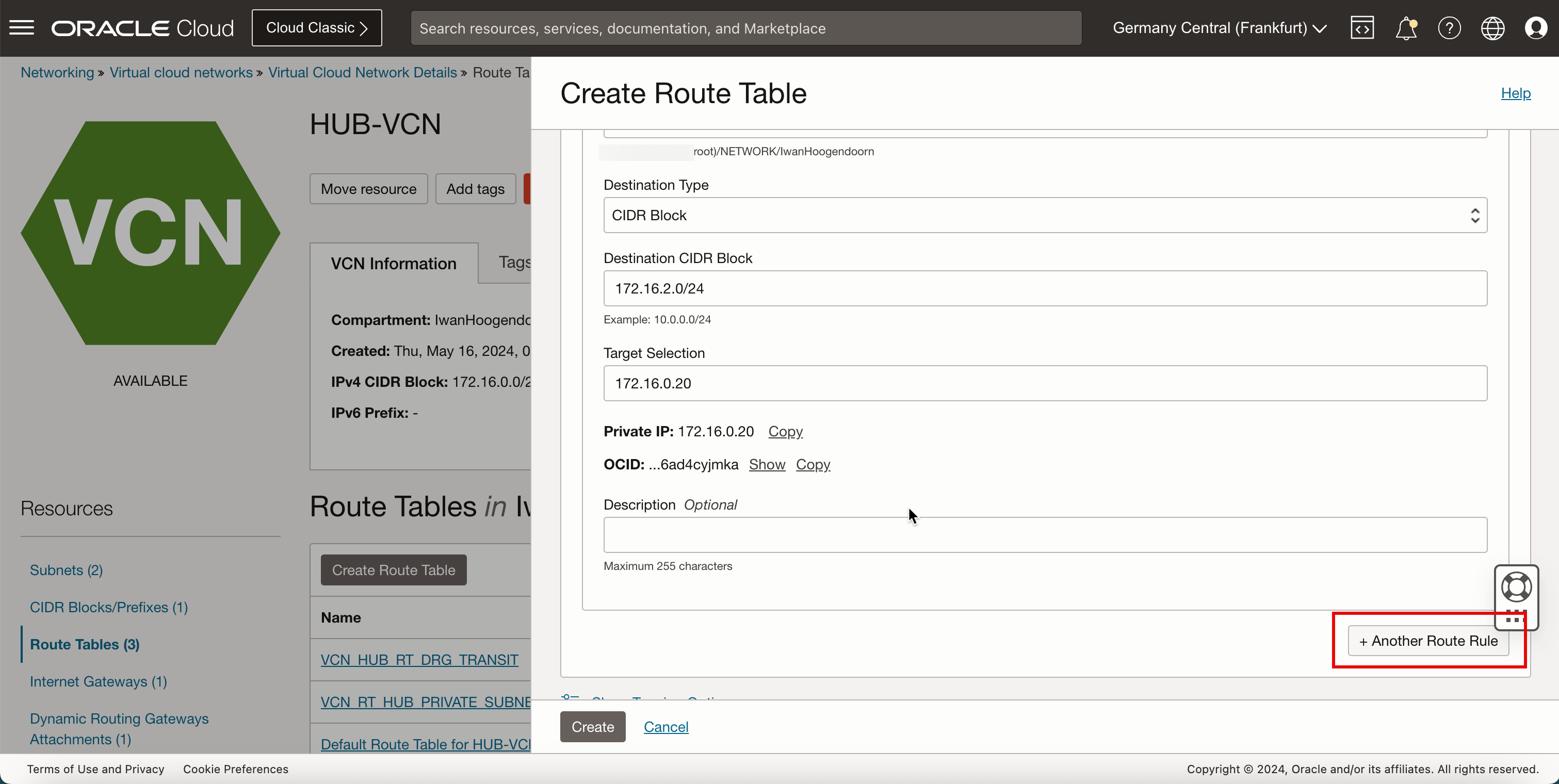

ハブVCNにルート表(

VCN_HUB_RT_DRG_TRANSIT)を作成します。宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.1.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.2.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.3.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 ノート:スポークからスポークVCNに送信されるトラフィックをルーティングするには、デフォルトの

0.0.0.0/0ではこの作業を行うのに十分ではないため、このルート表の特定のルートにも追加する必要があります。 -

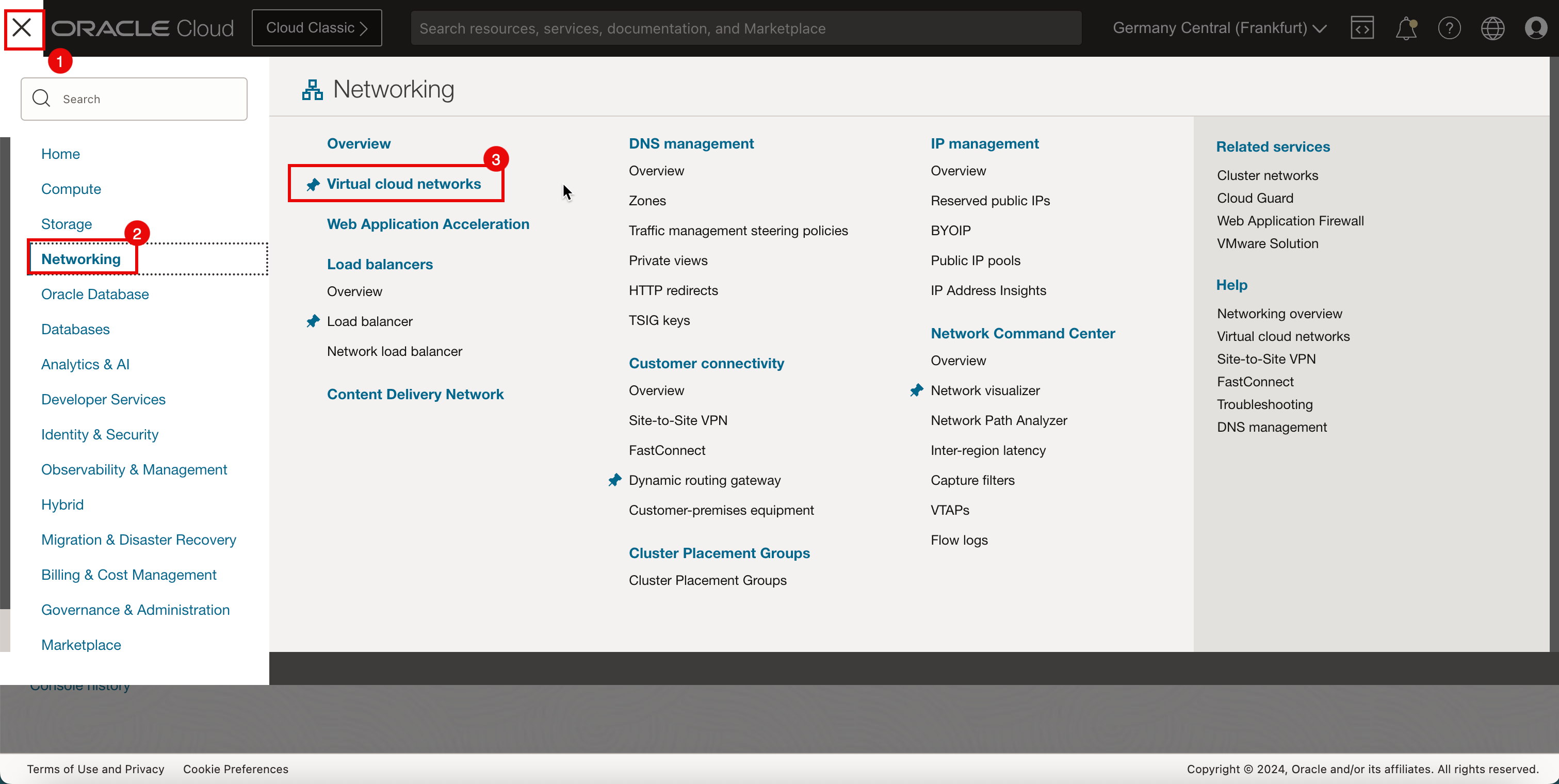

OCIコンソールに移動します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「仮想クラウド・ネットワーク」をクリックします。

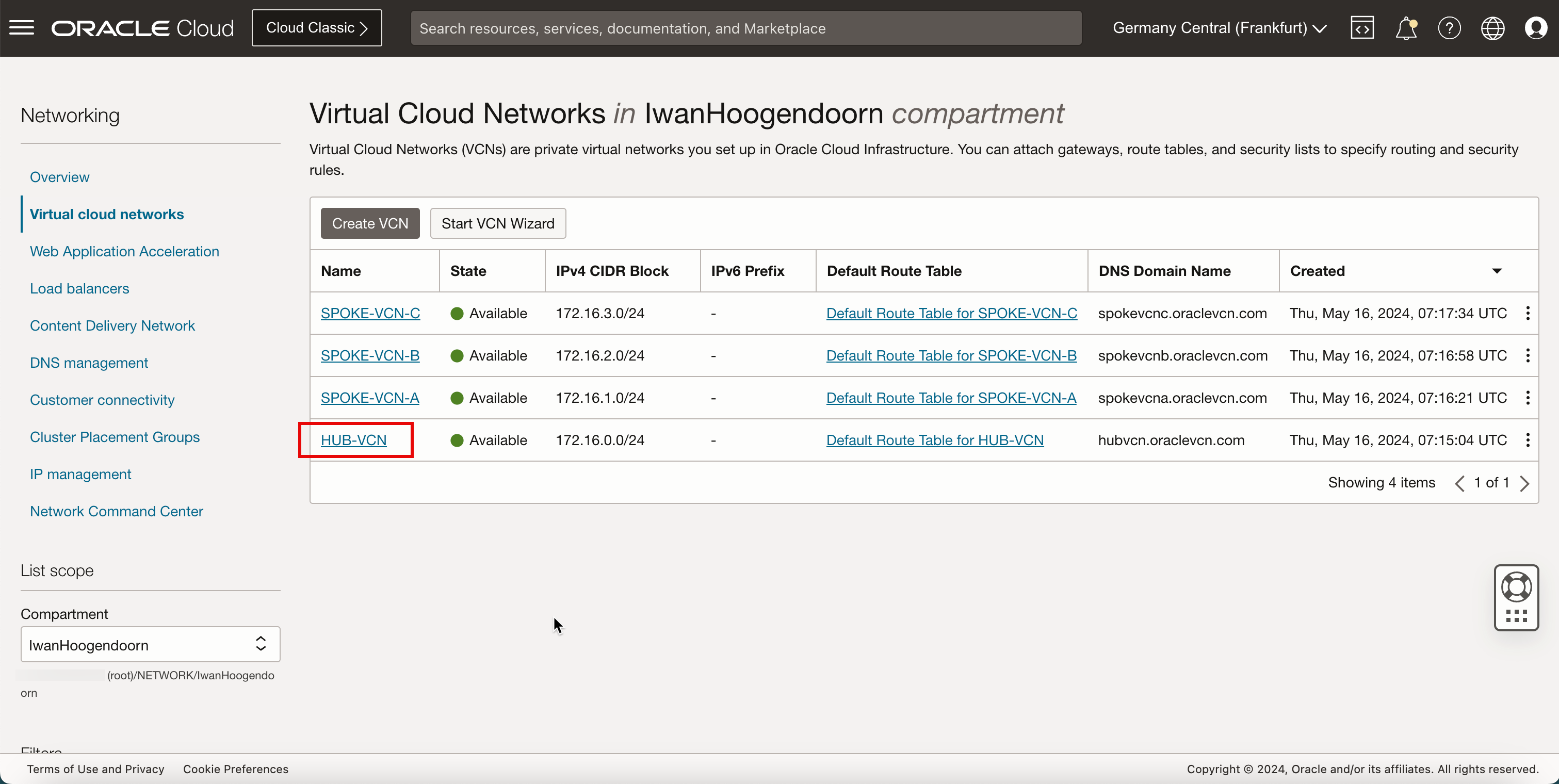

-

ハブVCNをクリックします。

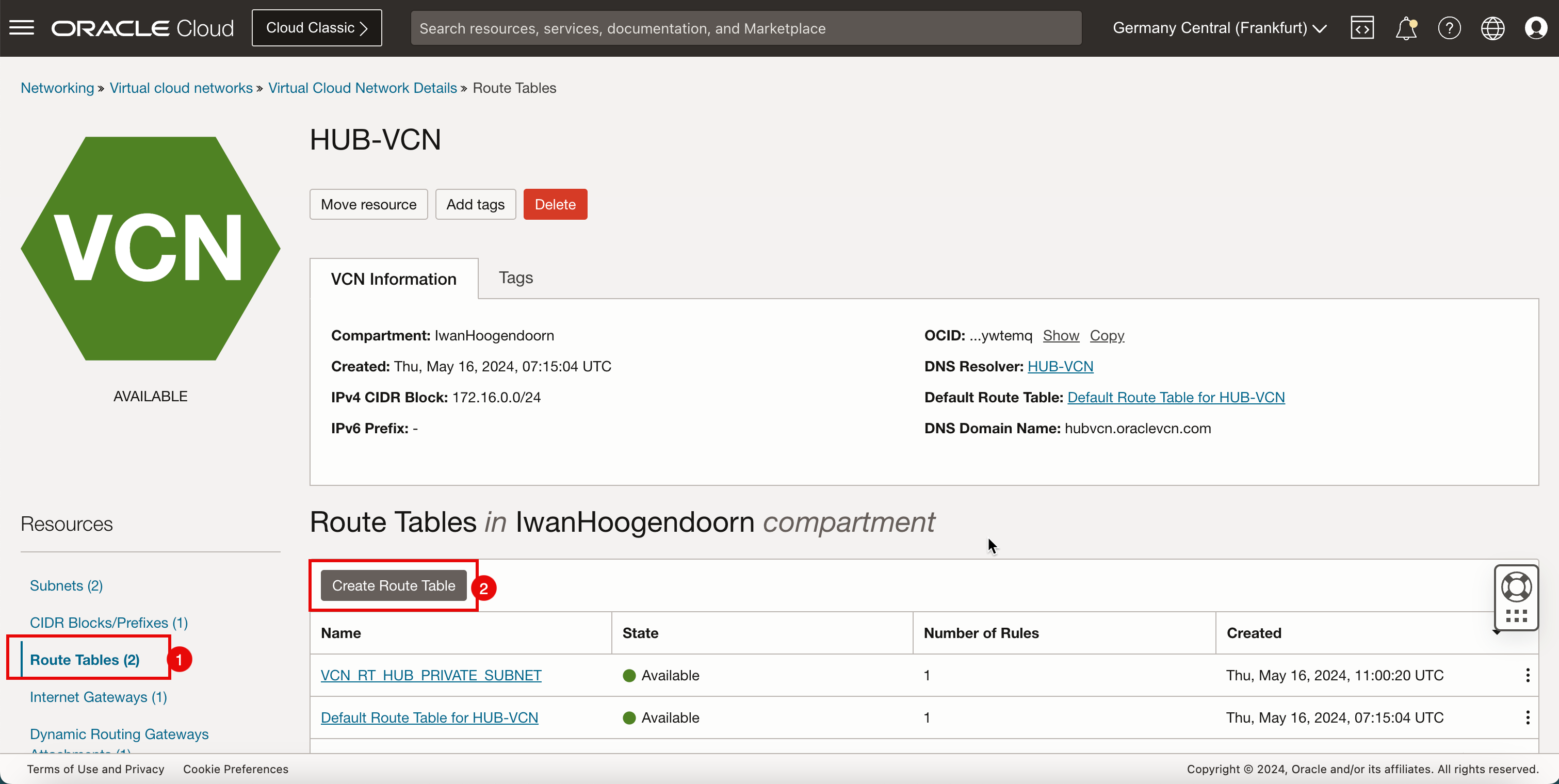

- 「ルート表」をクリックします。

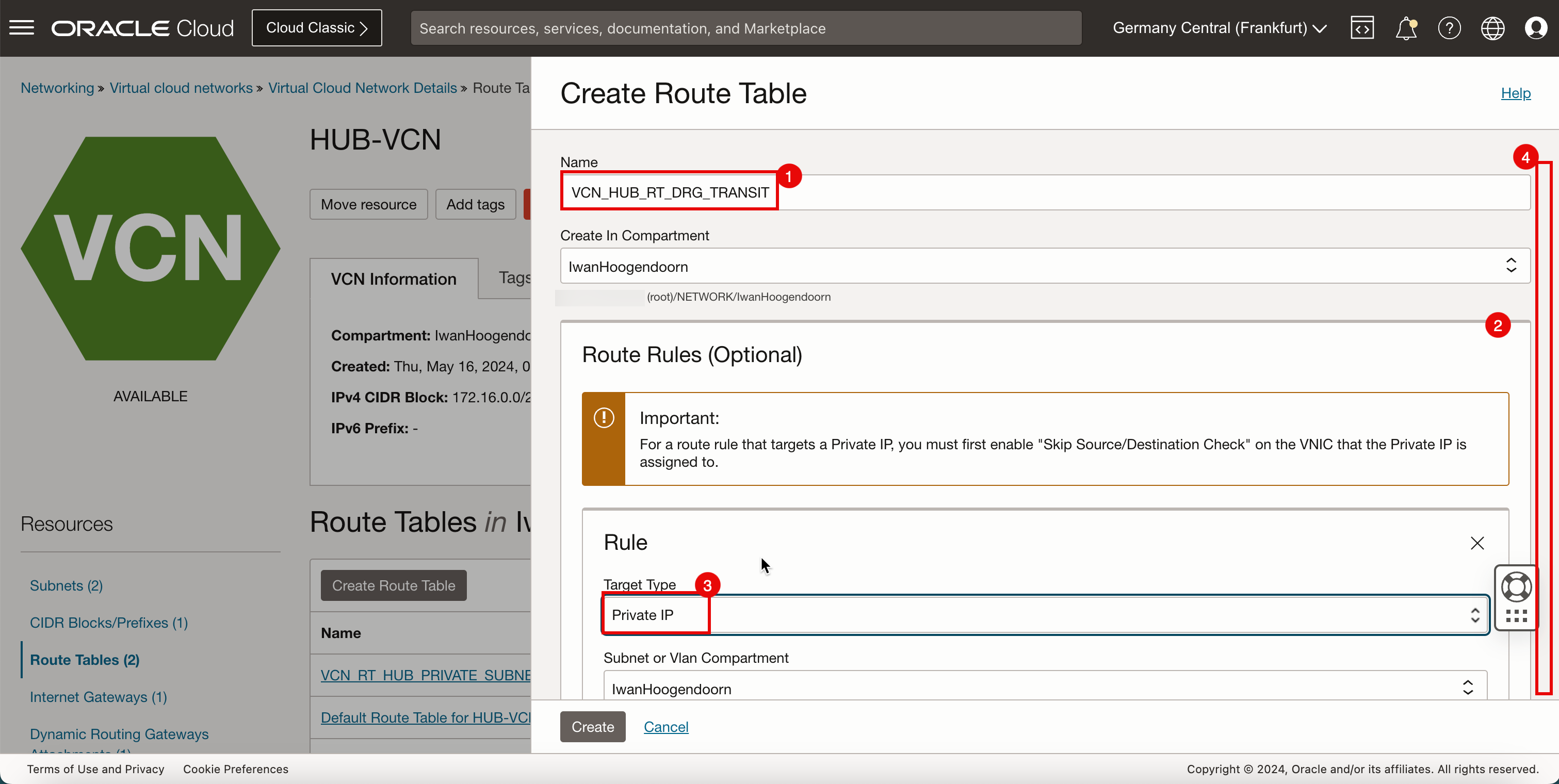

- 「ルート表の作成」をクリックします。

- 新しいハブVCNルート表の名前を入力します。

- 「+別のルート・ルール」をクリックします(スクリーンショットにはありません)。

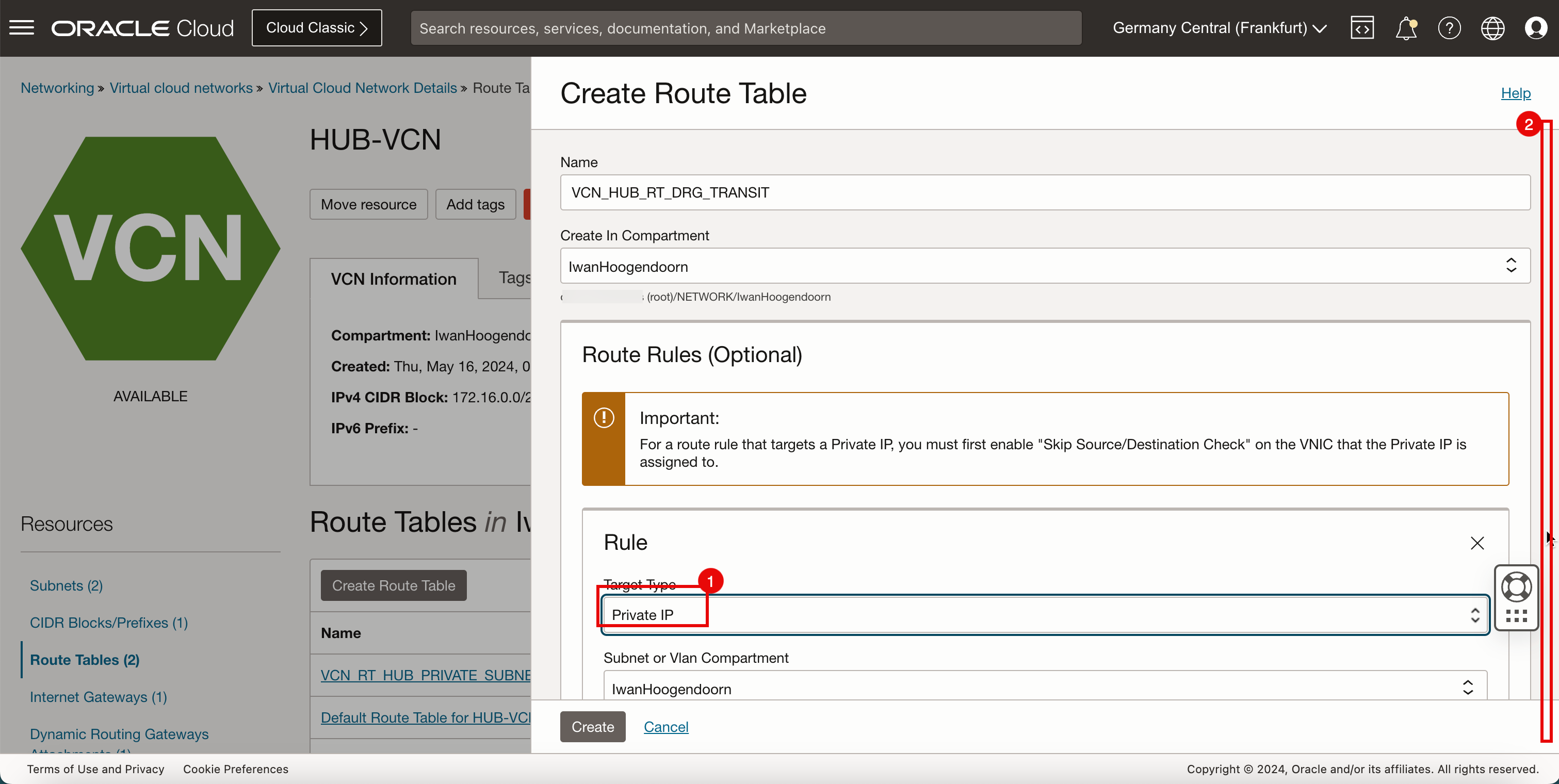

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 下へスクロール

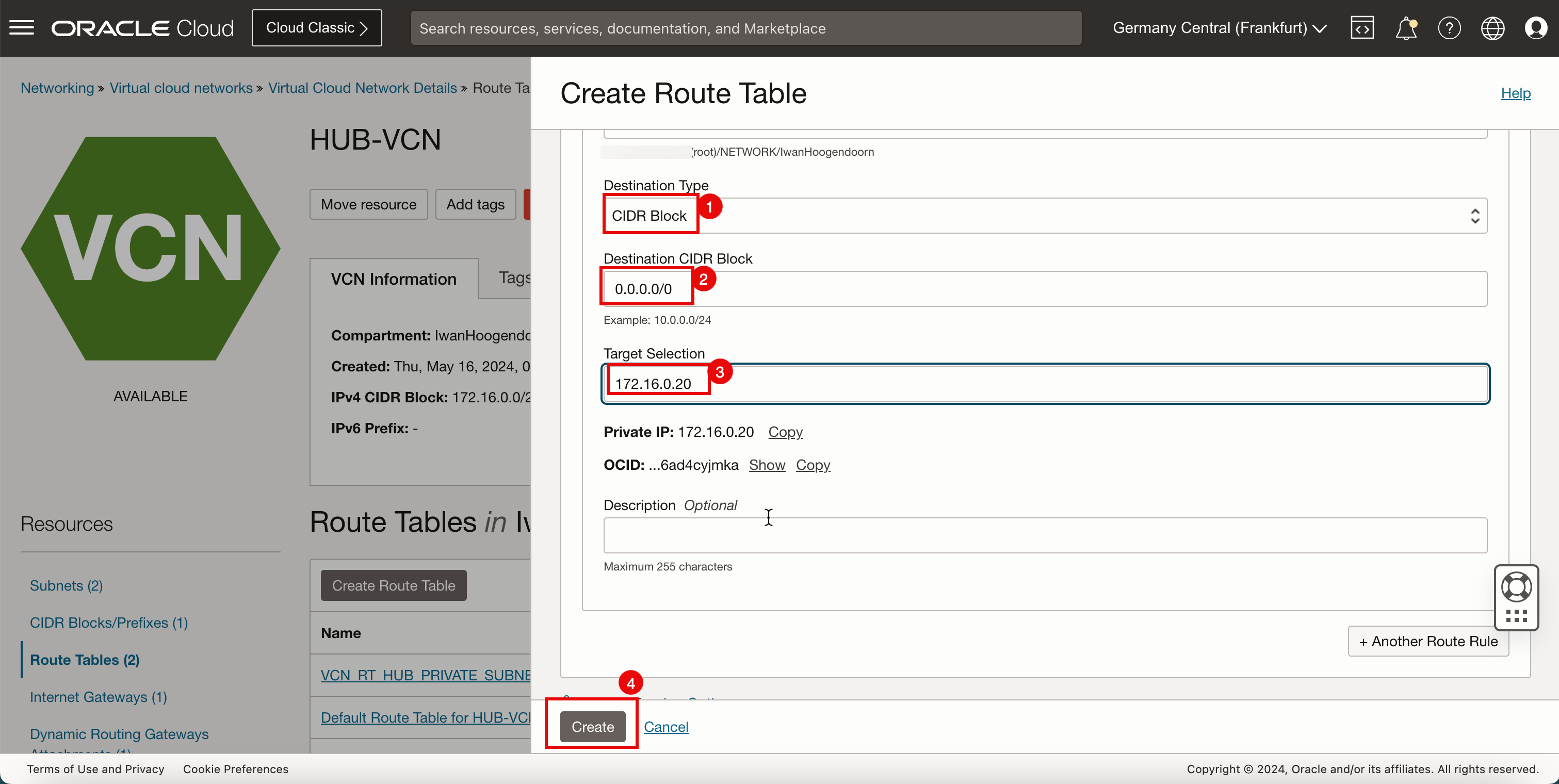

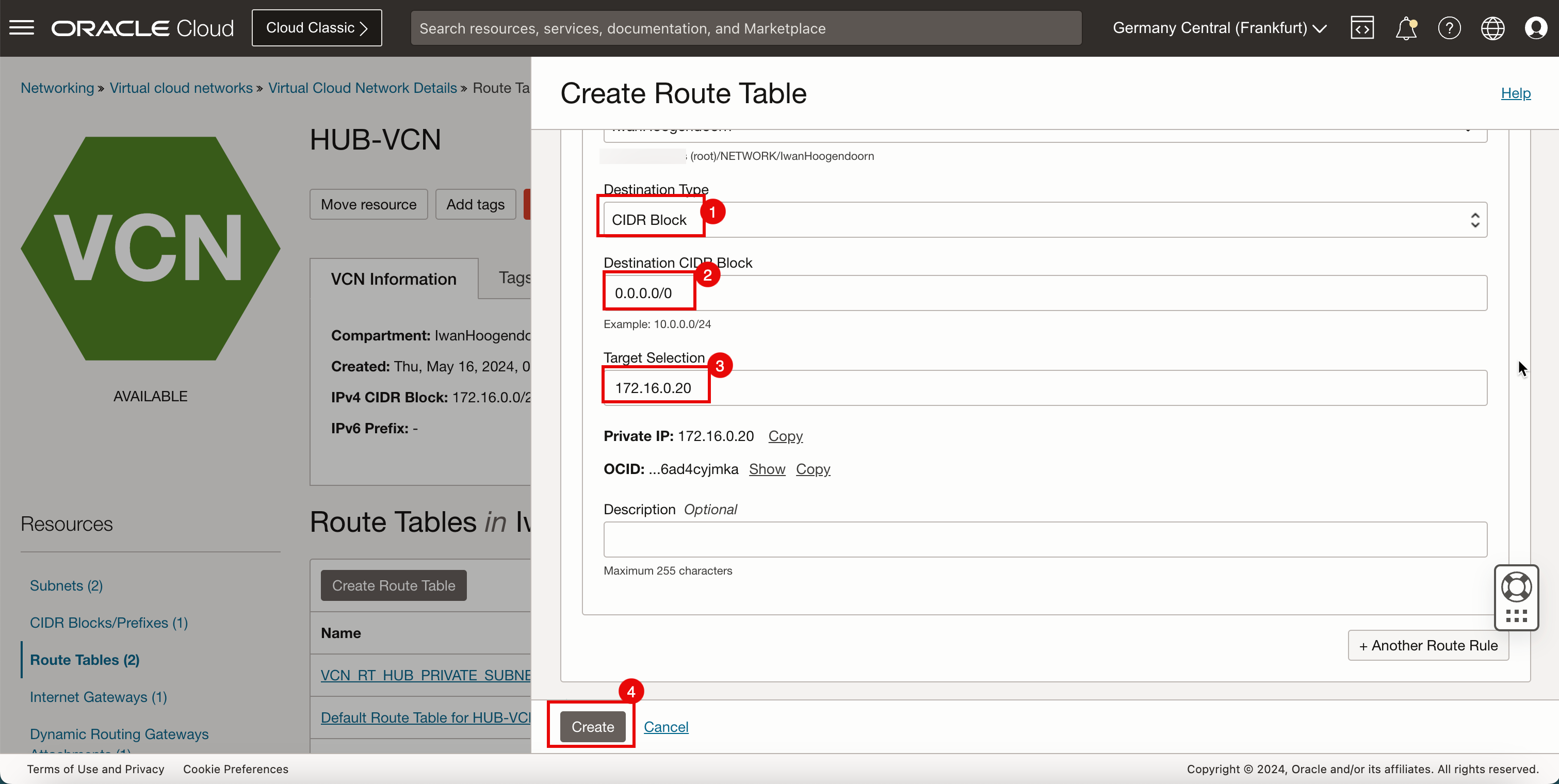

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 「作成」をクリックします。

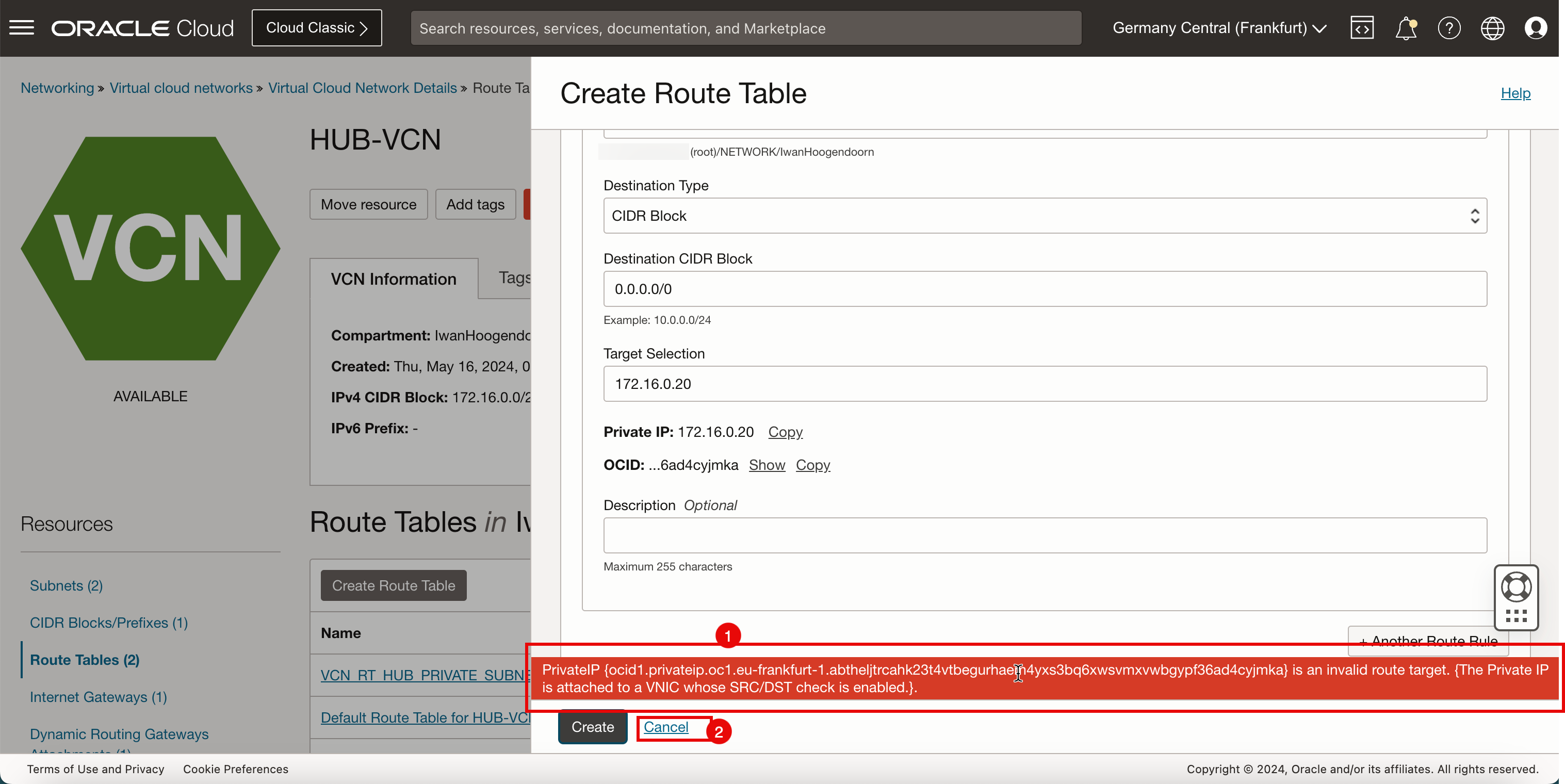

-

次のエラーが表示されることに注意してください:

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled)。 -

「取消」をクリックします。

-

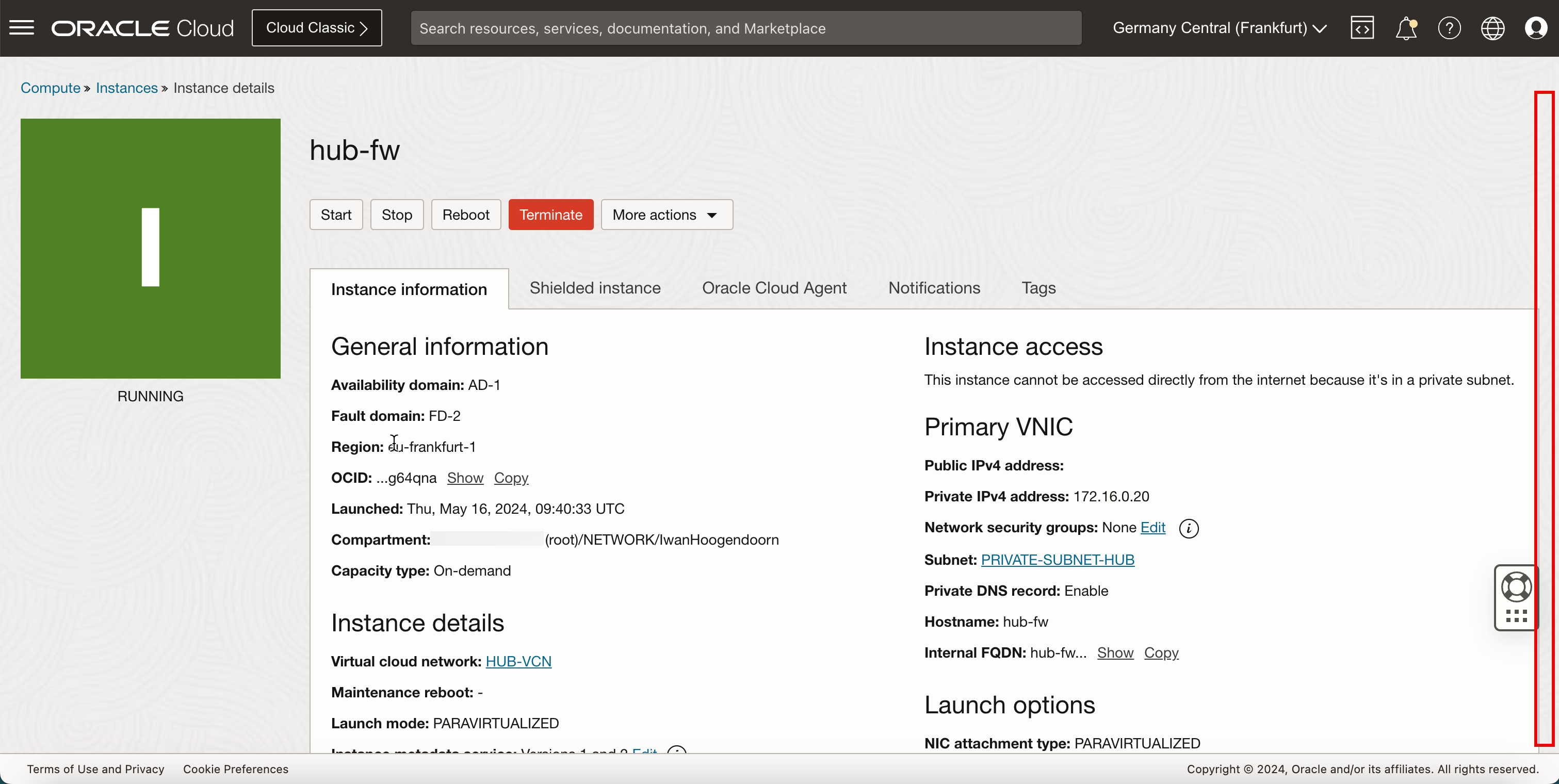

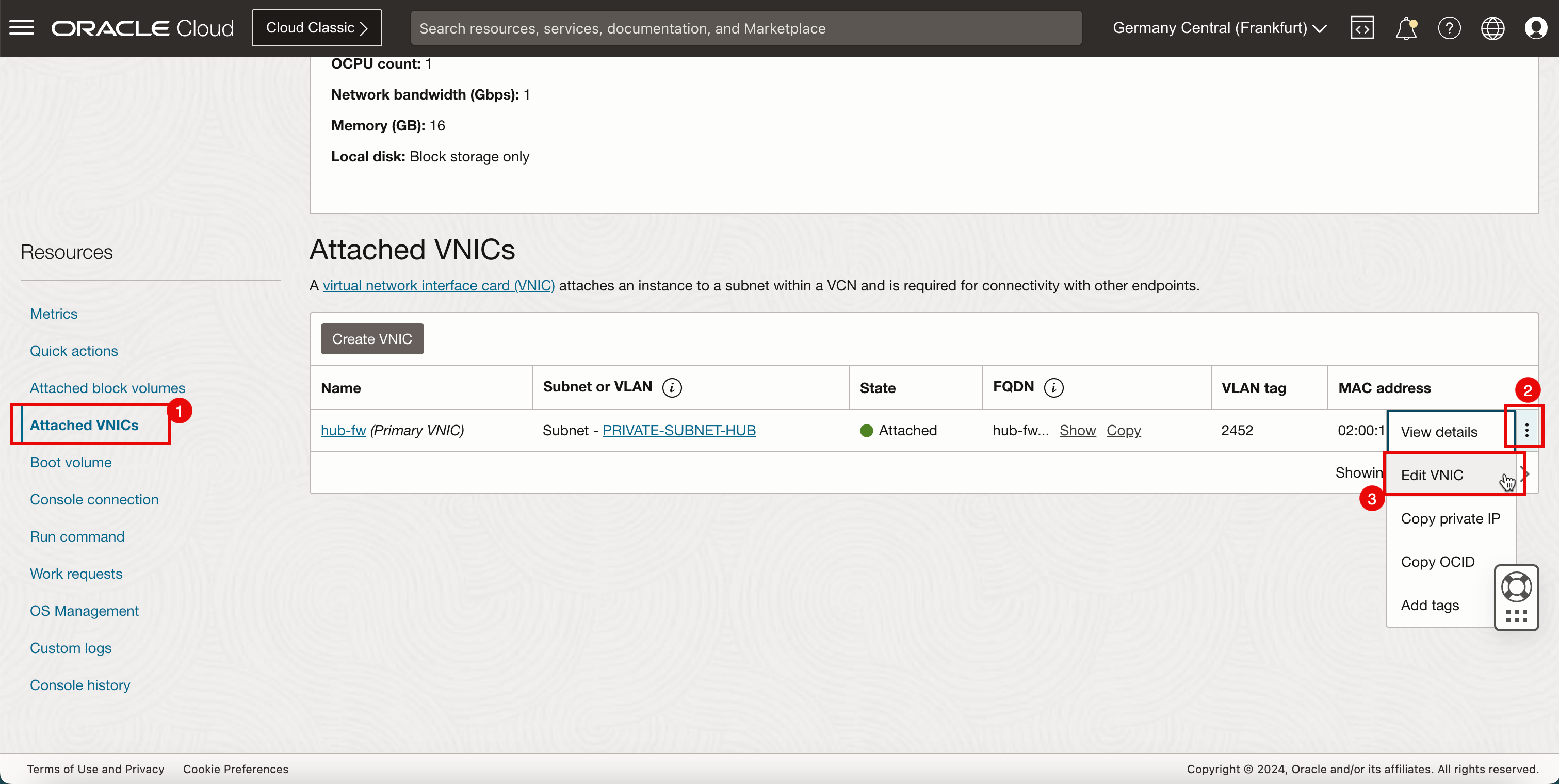

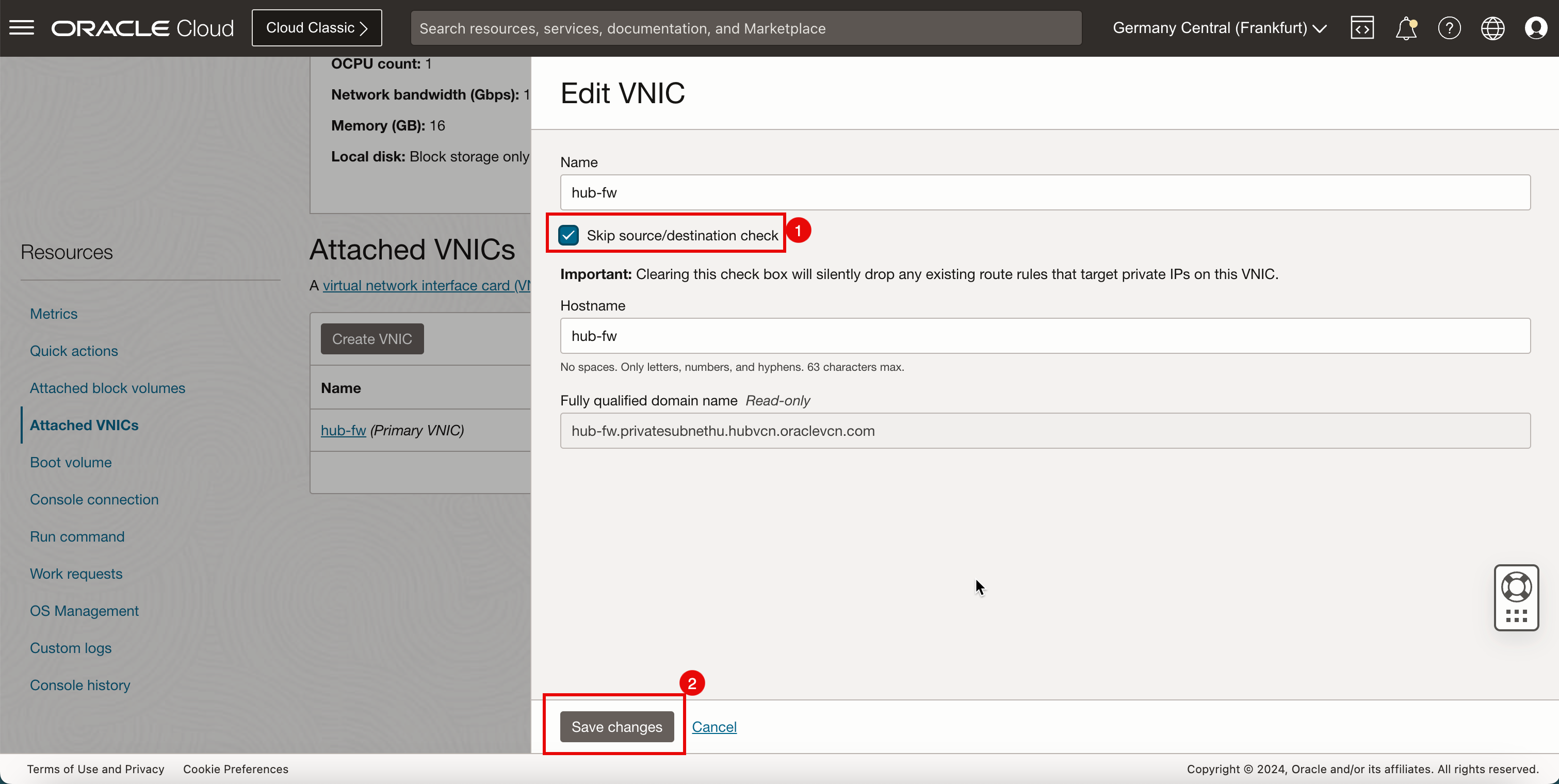

これを修正するには、pfSenseファイアウォール・インスタンスVNICでソース/宛先チェックのスキップを有効にする必要があります。

- ハンバーガー・メニュー(≡)をクリックします。

- 「計算」をクリックします。

- 「インスタンス」をクリックします。

-

hub-fw(pfSenseインスタンス)をクリックします。

-

下へスクロール

- 「Attached VNICs」をクリックします。

- VNICの3つのドットをクリックします。

- 「VNICの編集」をクリックします。

- 「Skip source/destination check」を選択します。

- 「変更の保存」をクリックします。

-

次に、ハブVNCルーティング表を作成します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「仮想クラウド・ネットワーク」をクリックします。

-

ハブVCNをクリックします。

- 「ルート表」をクリックします。

- 「ルート表の作成」をクリックします。

- 新しいハブVCNルート表の名前を入力します。

- 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 下へスクロール

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 「作成」をクリックします。

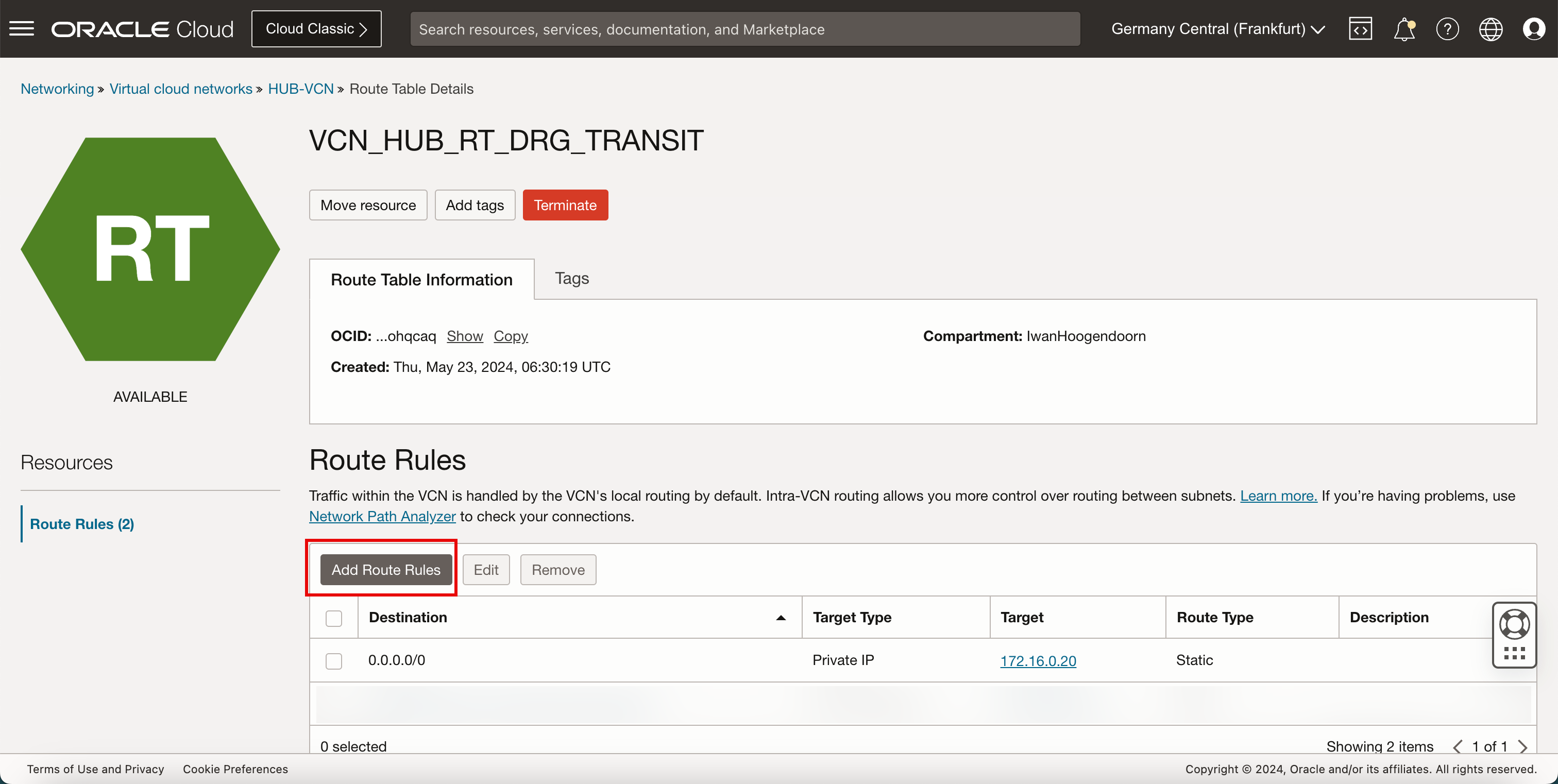

-

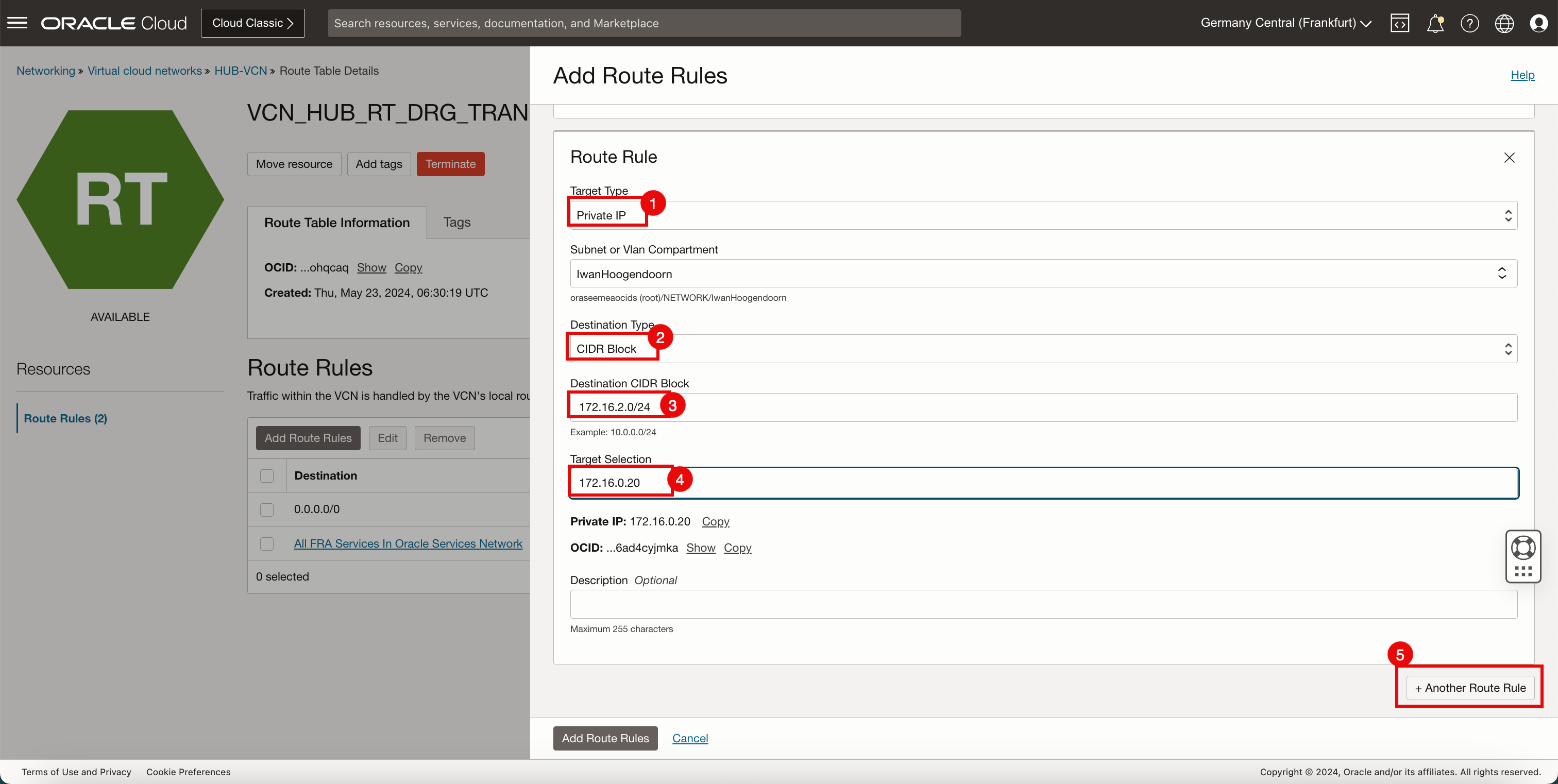

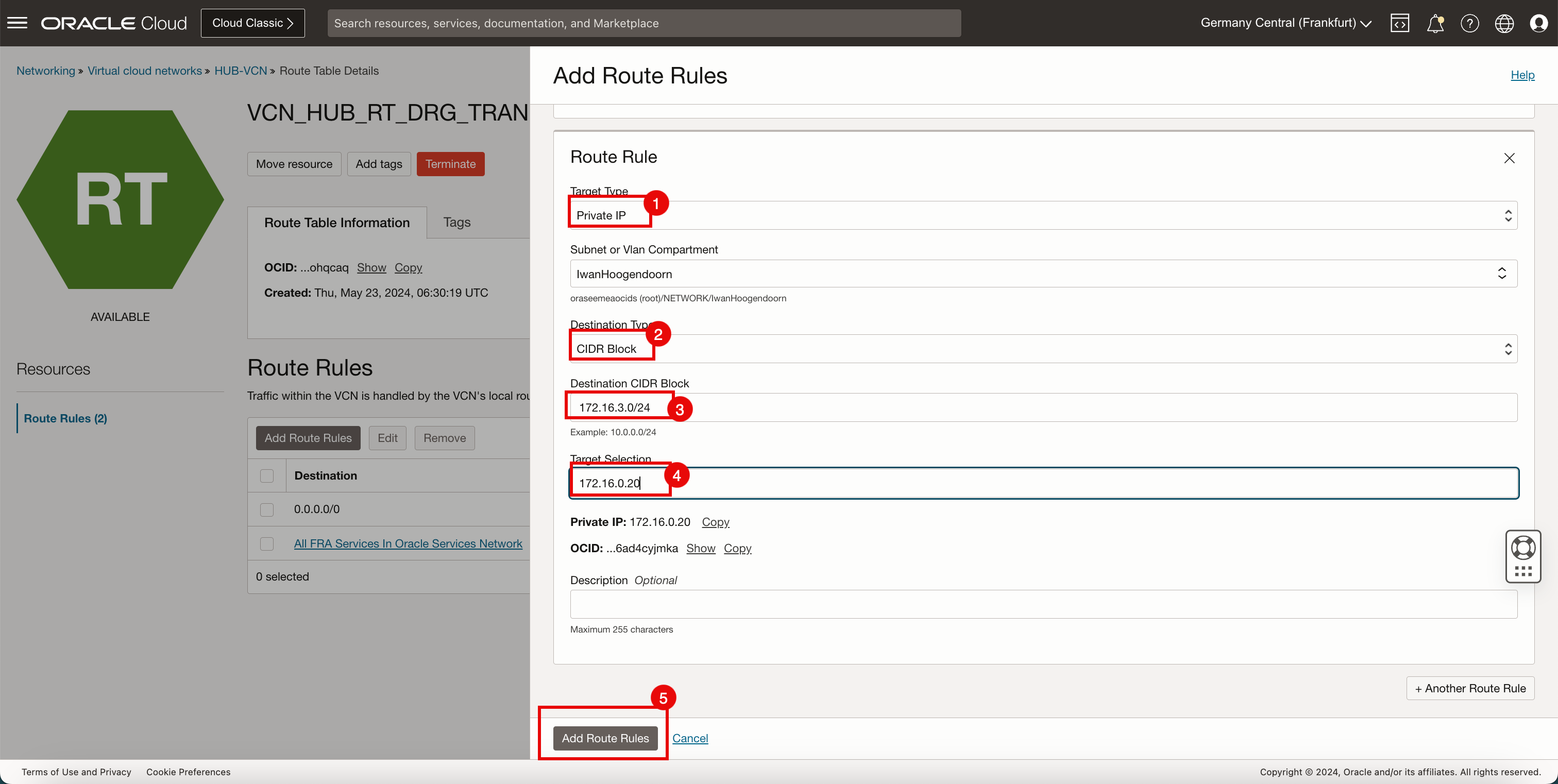

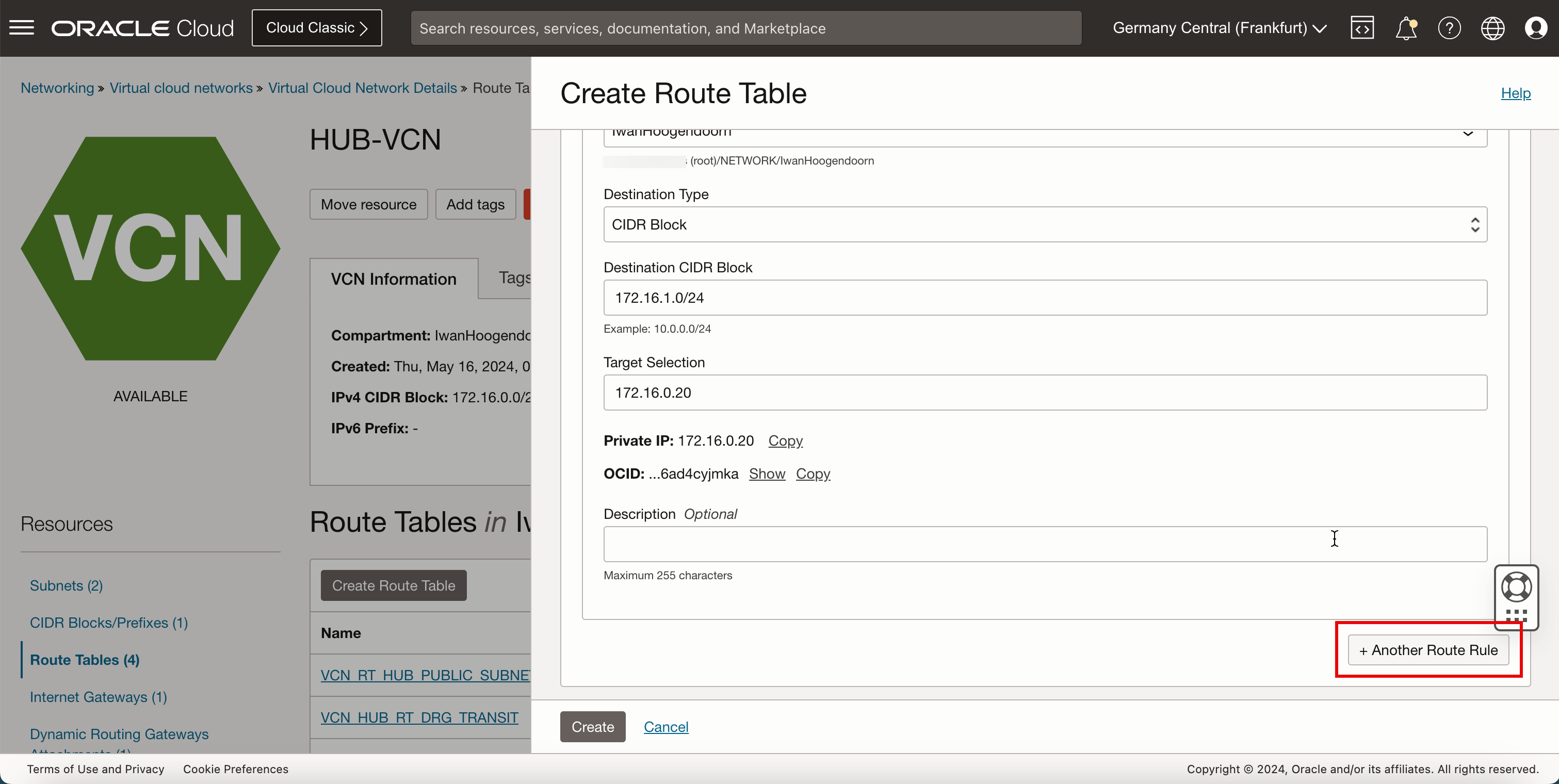

VCN_HUB_RT_DRG_TRANSITルート表にさらに3つのルートを追加する必要があります。 -

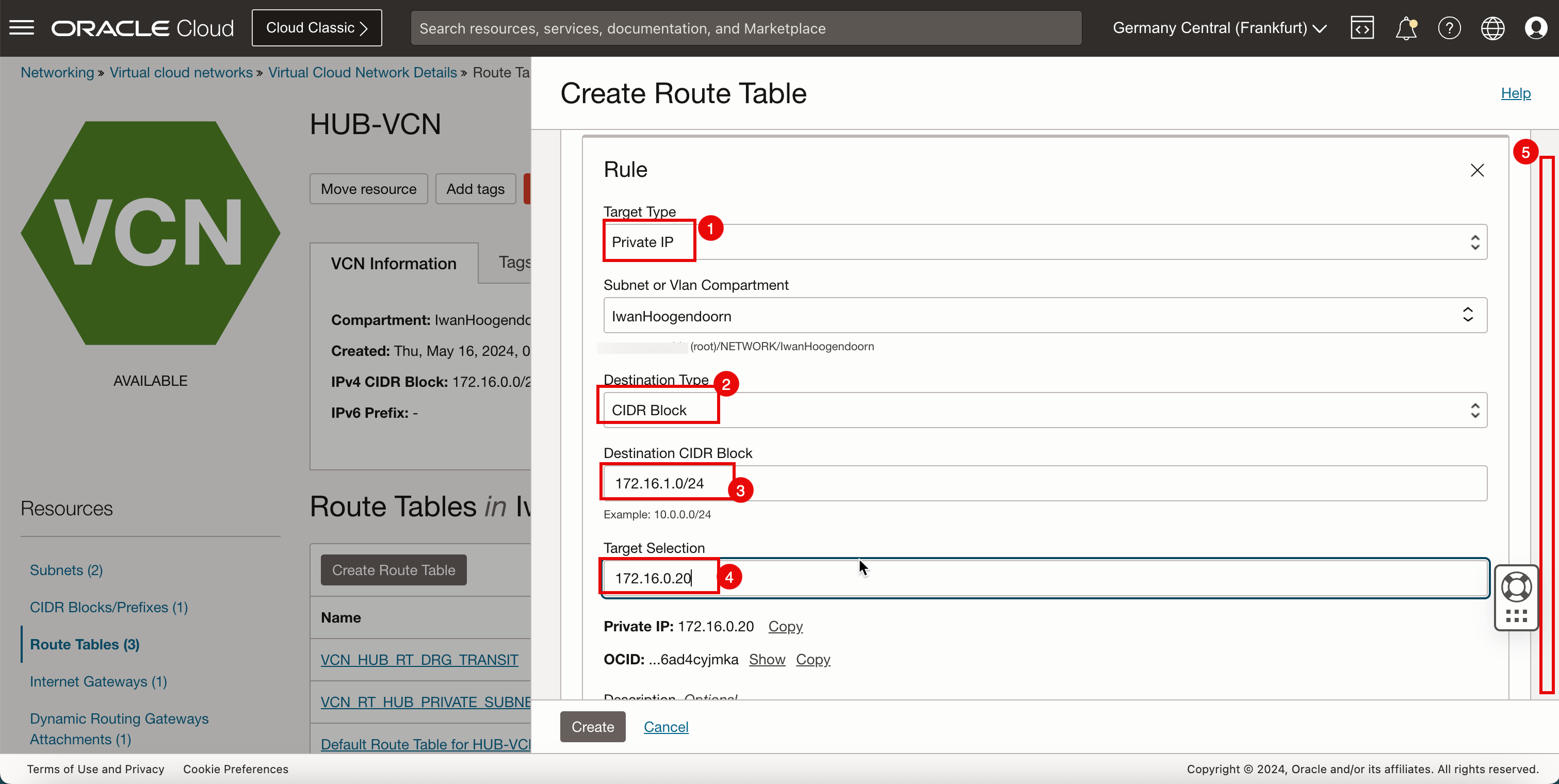

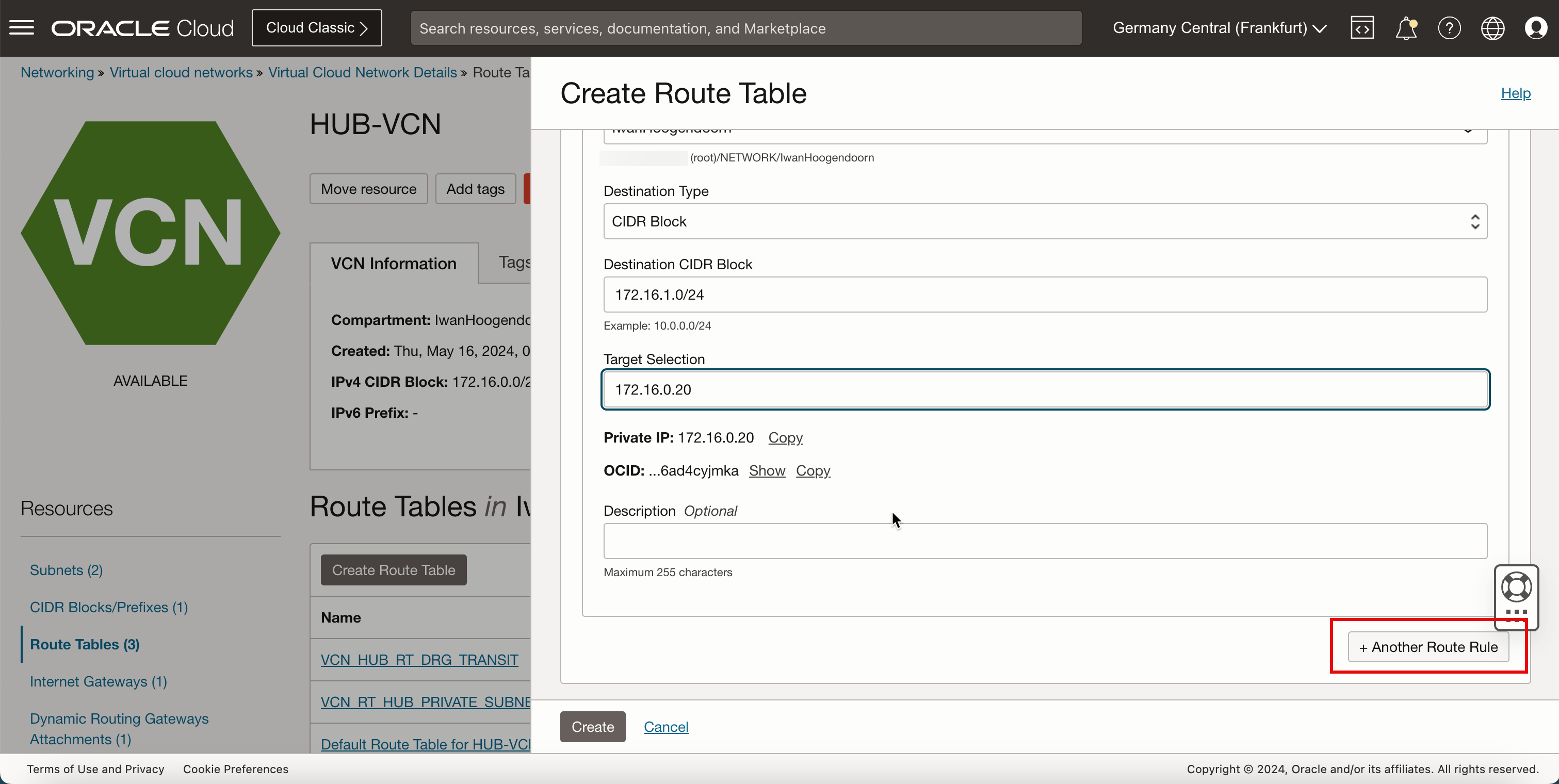

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.1.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 「+別のルート・ルール」をクリックします。

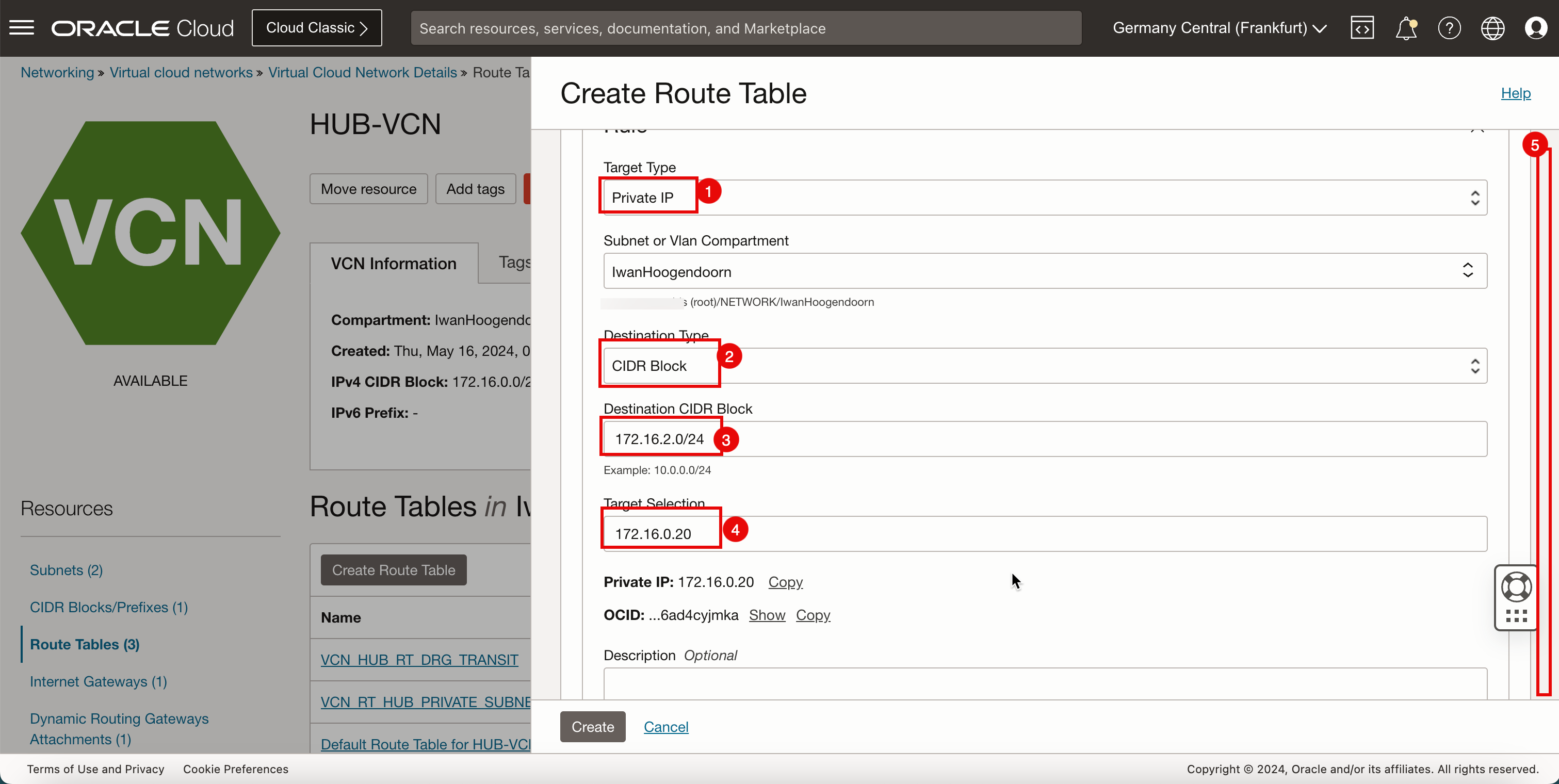

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.2.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.3.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 「+別のルート・ルール」をクリックします。

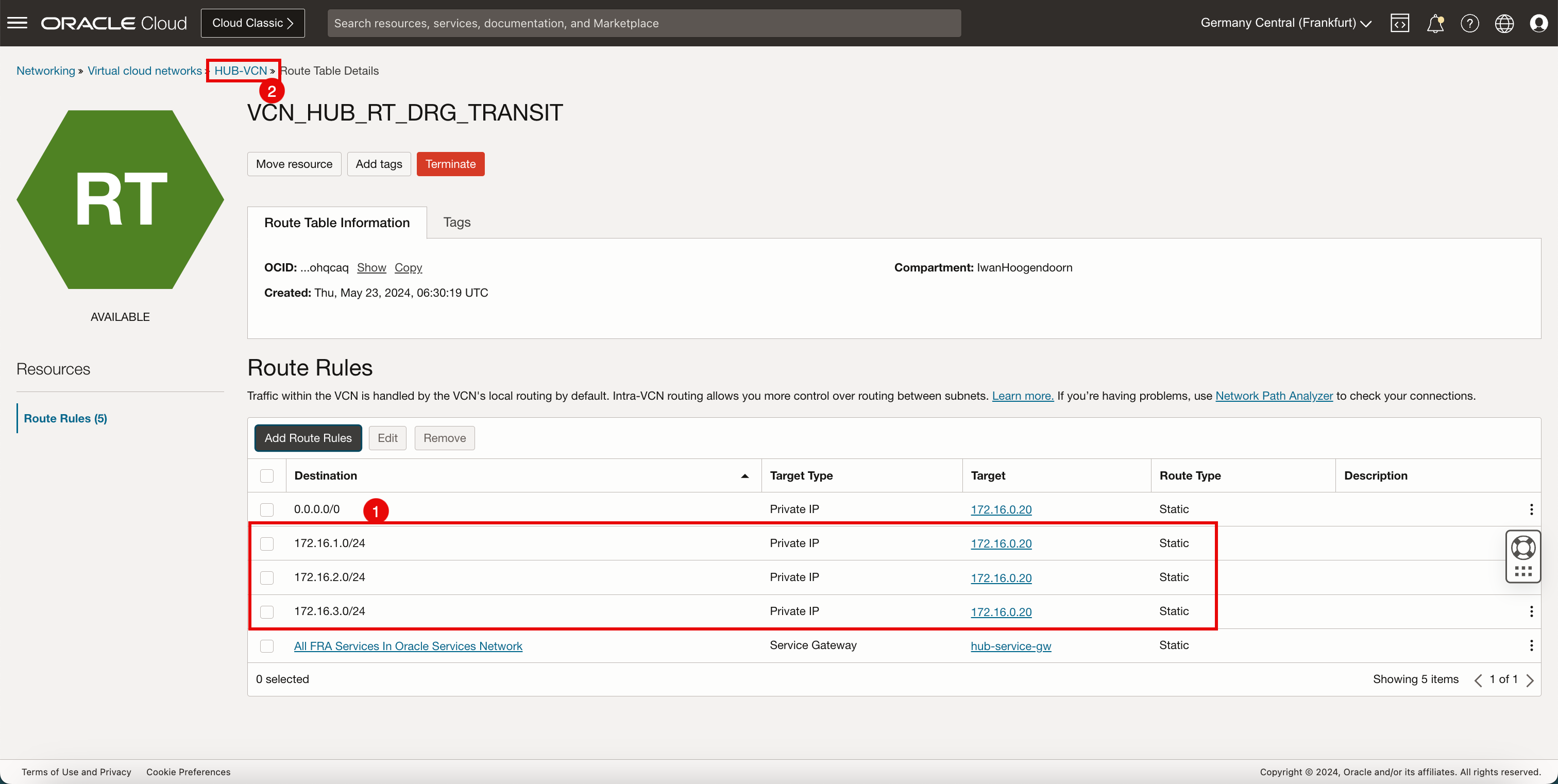

- 4つのルート・ルールが作成されていることに注意してください。

- 「ハブVCN」をクリックして、ハブVCNページに戻ります。

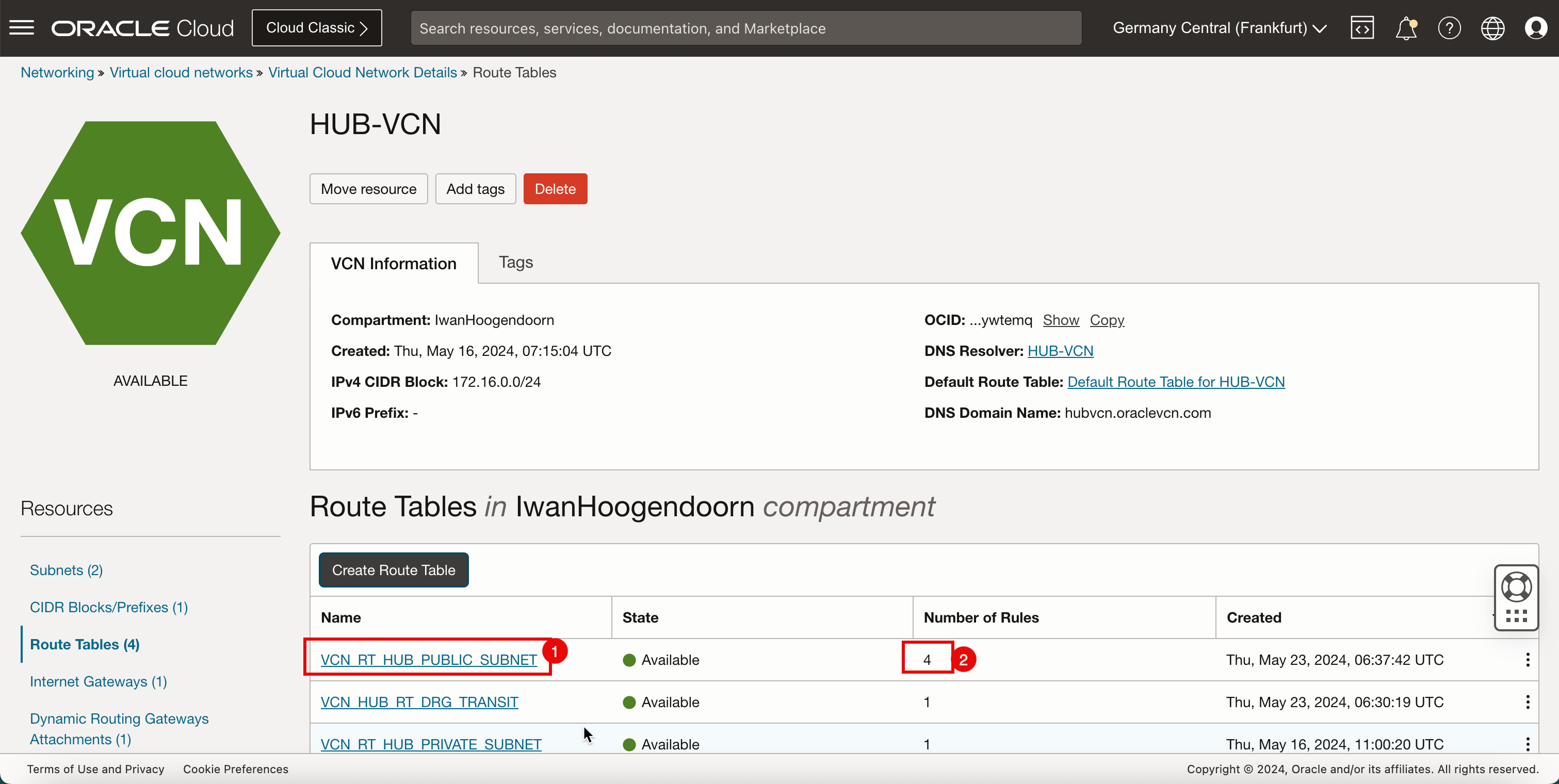

- これで、ハブVCNルーティング表がリストに表示されます。

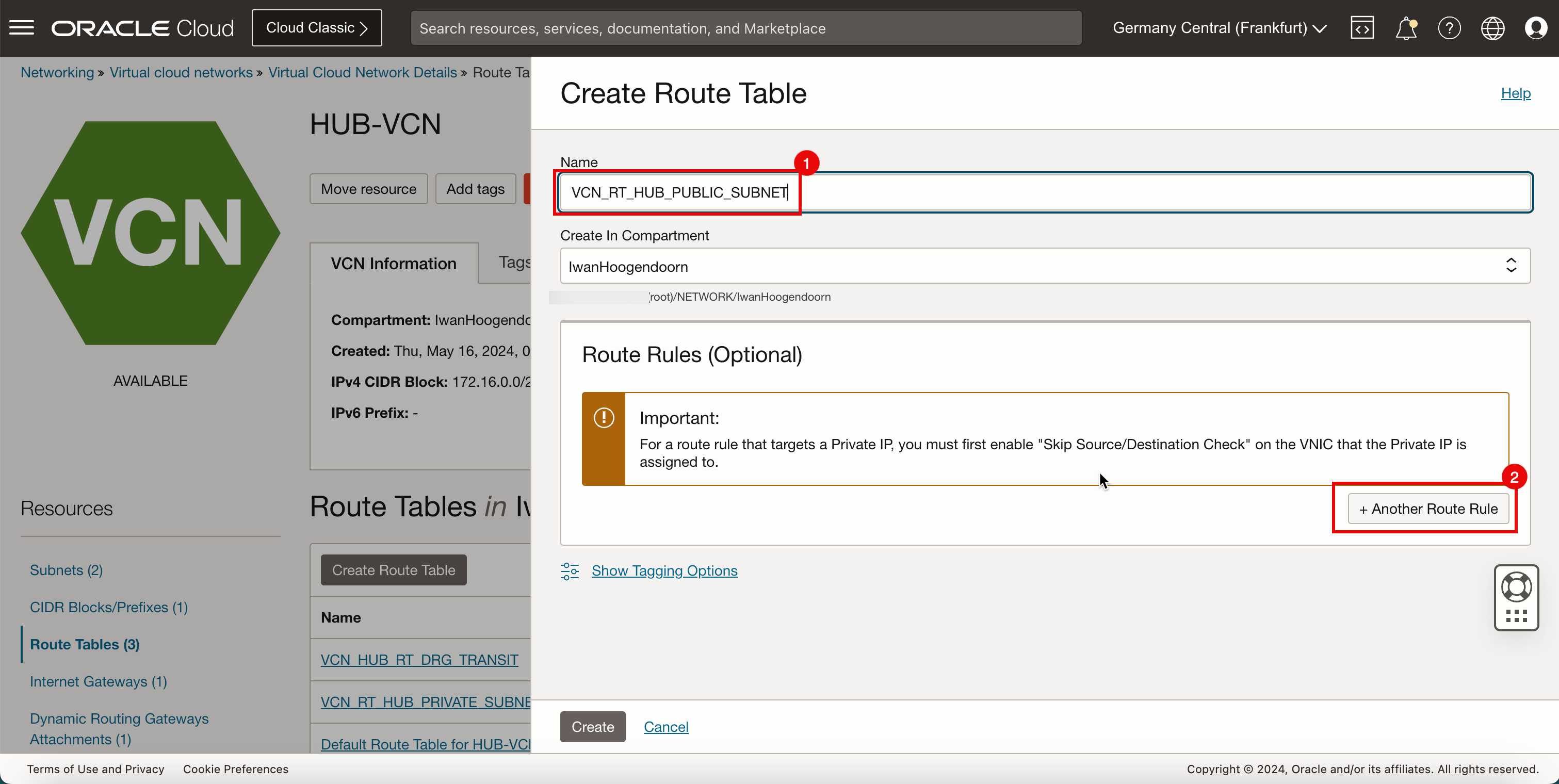

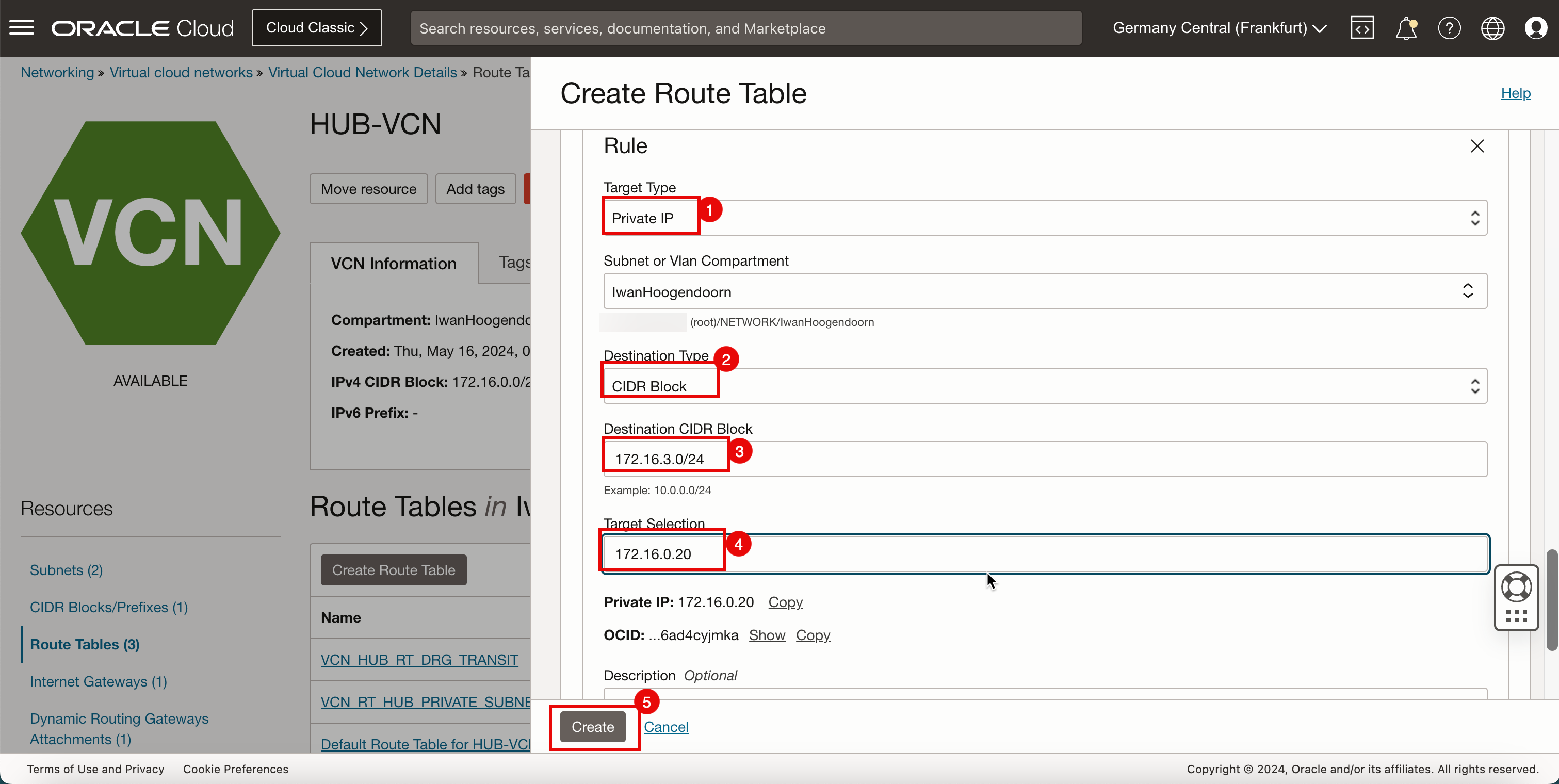

- 「ルート表の作成」を再度クリックして、パブリック・サブネット用に別のハブVCNルート表を作成します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

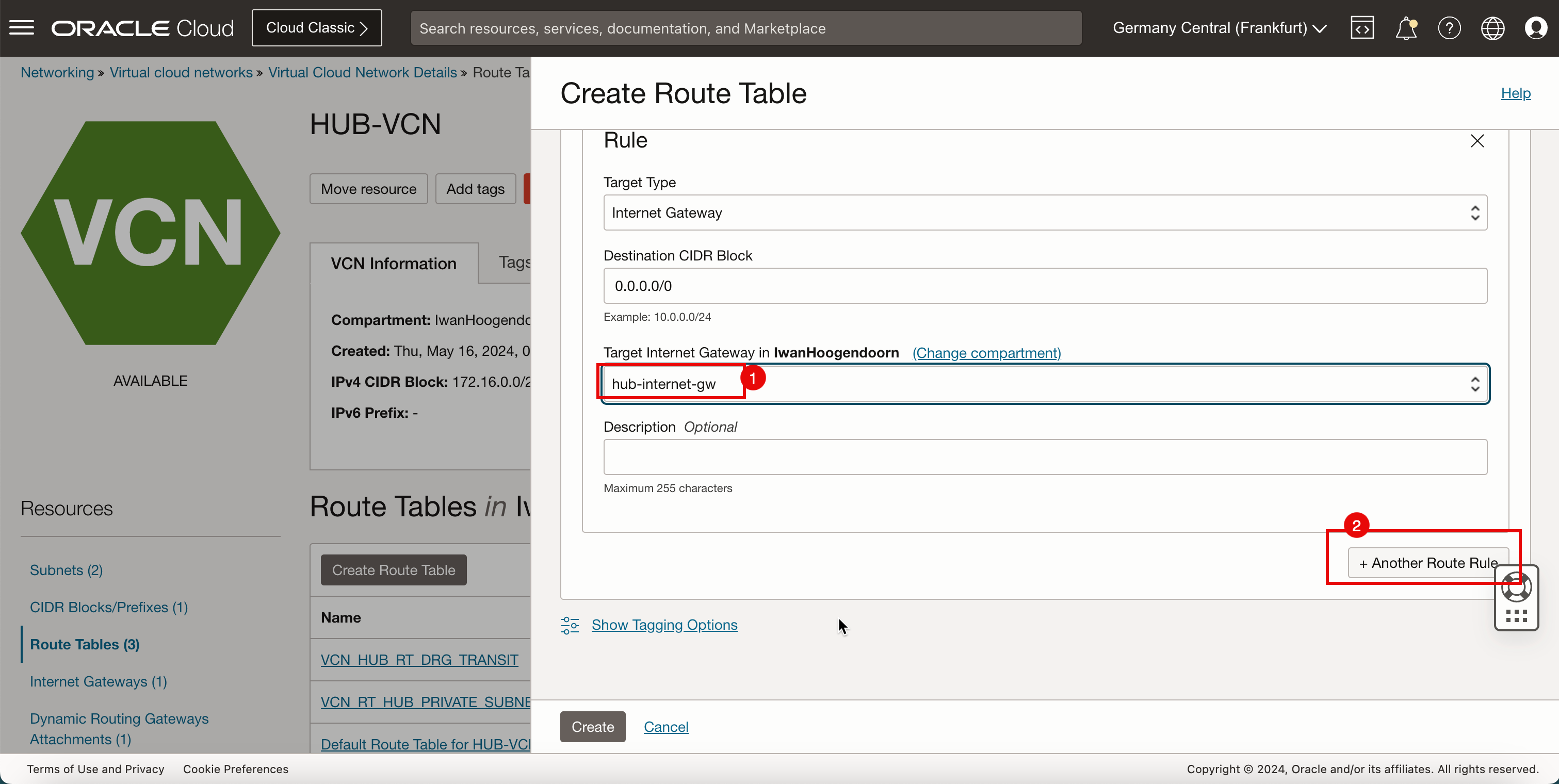

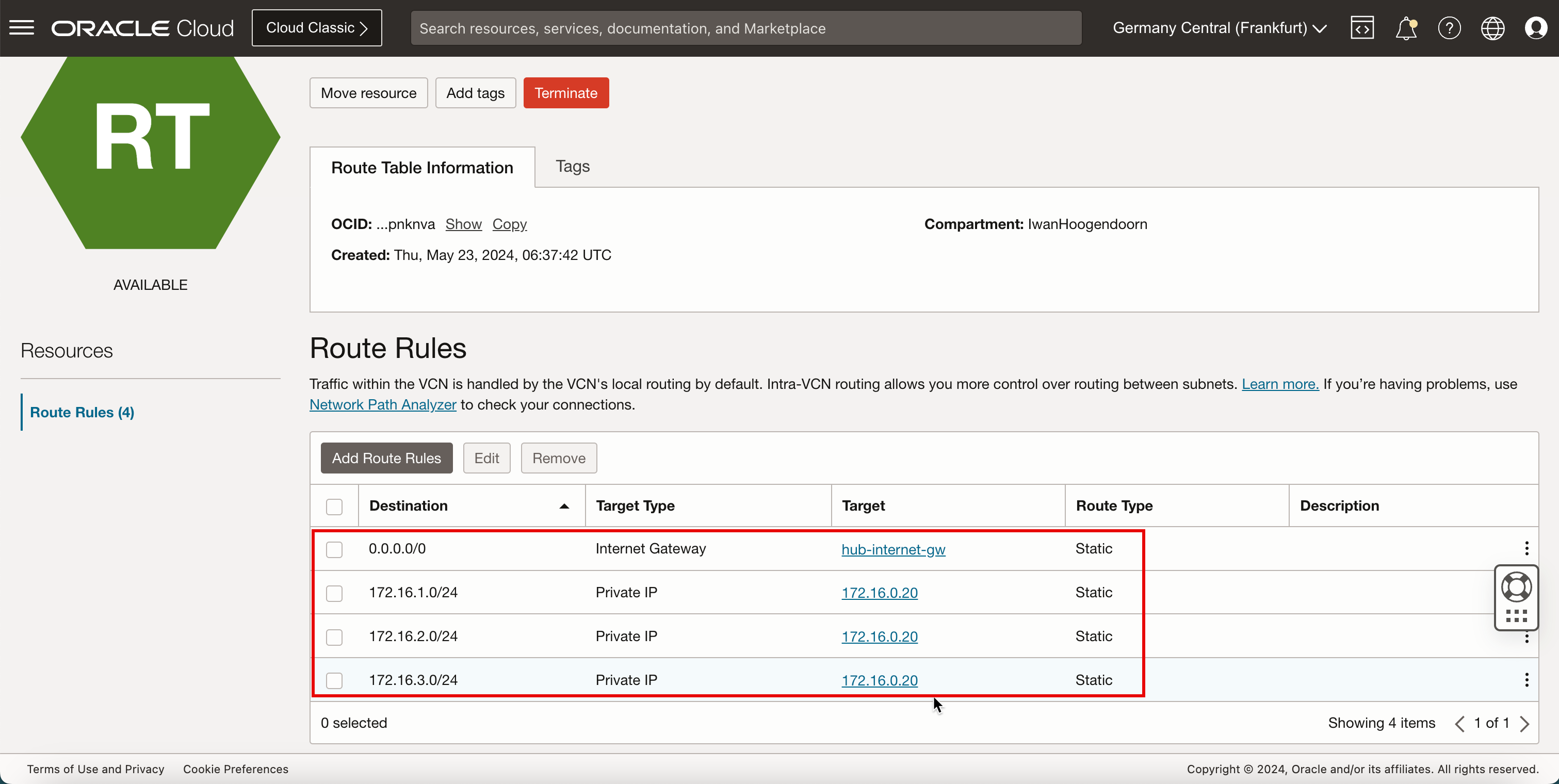

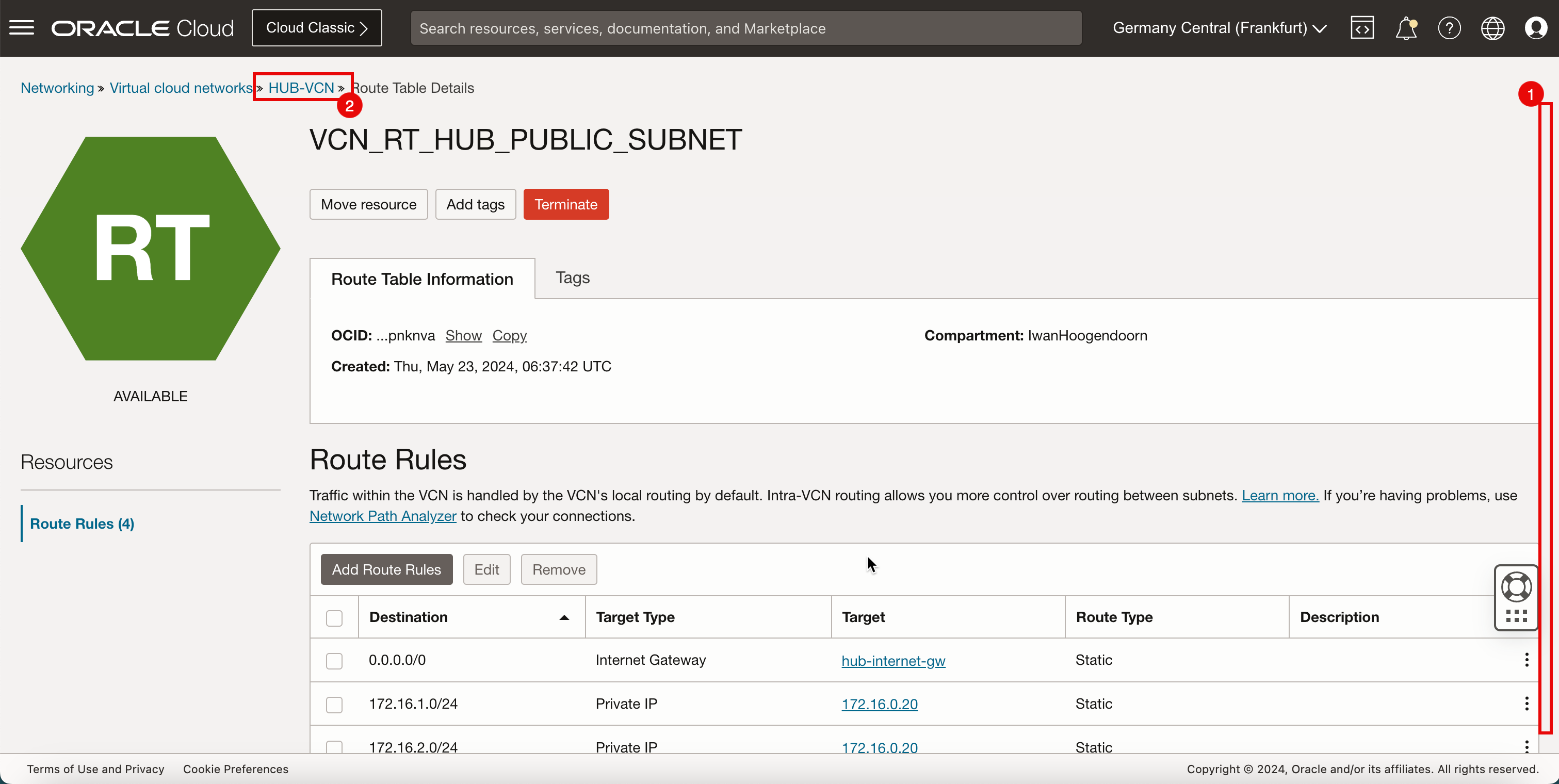

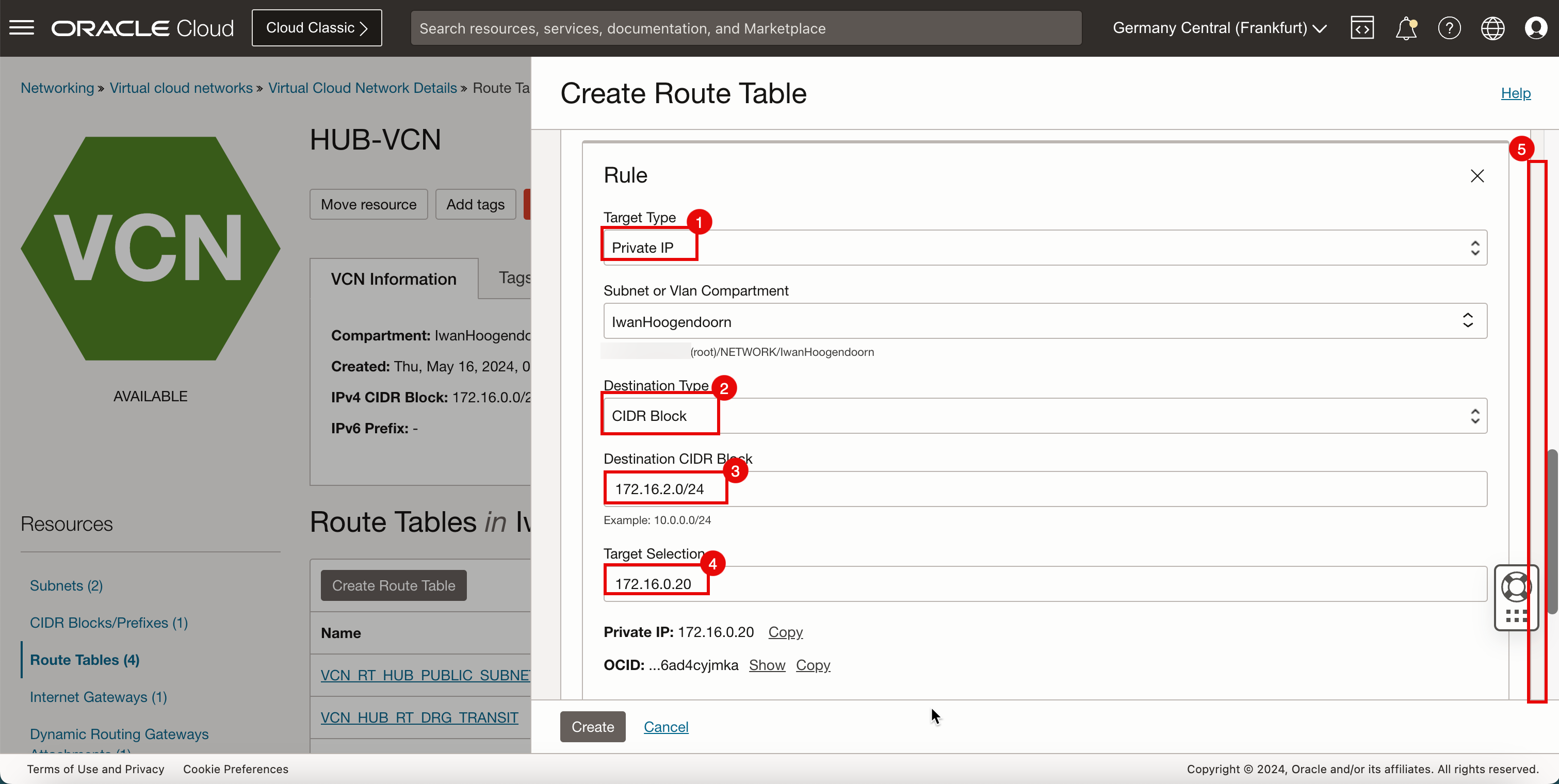

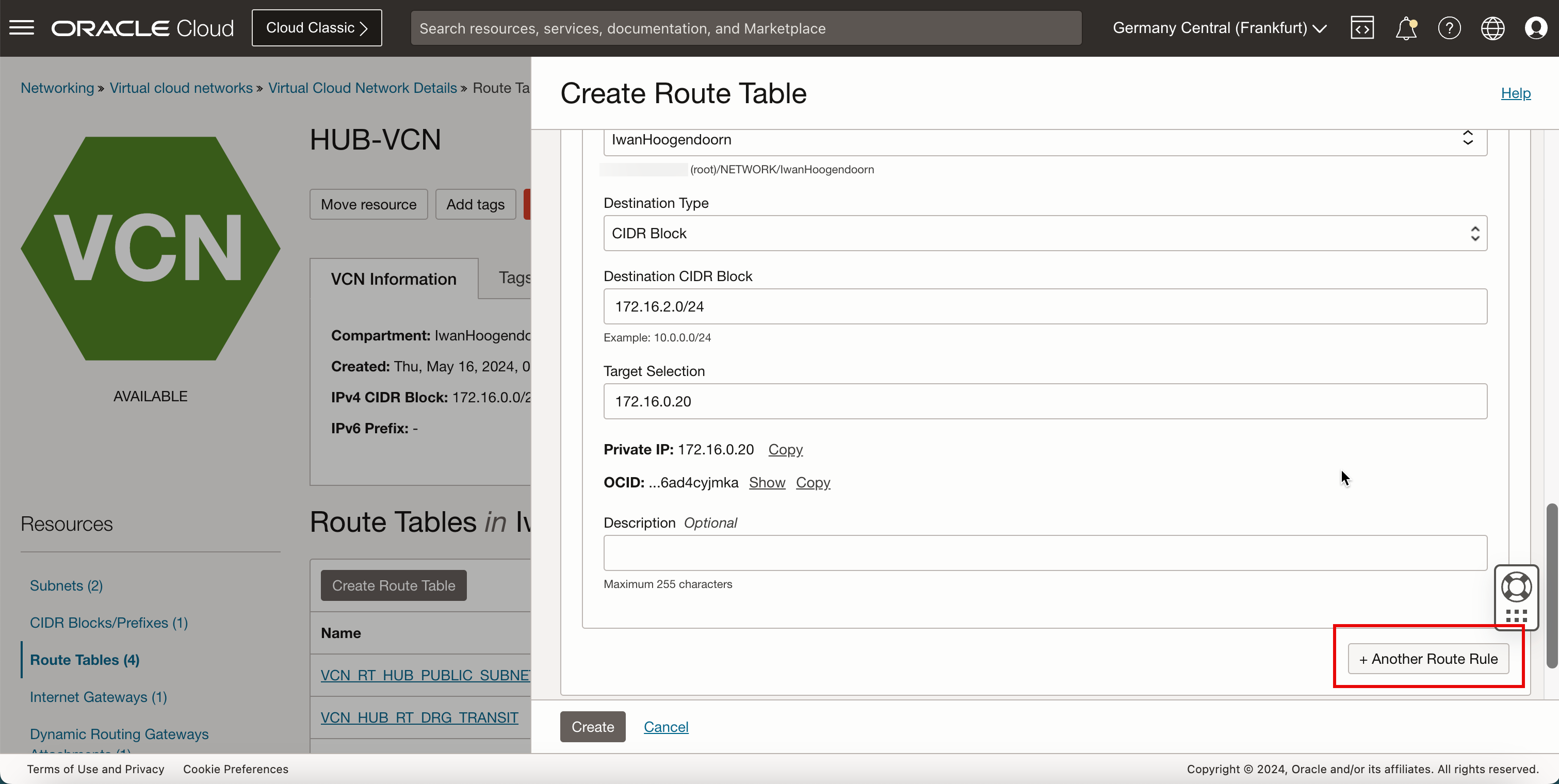

ハブVCNにルート表(

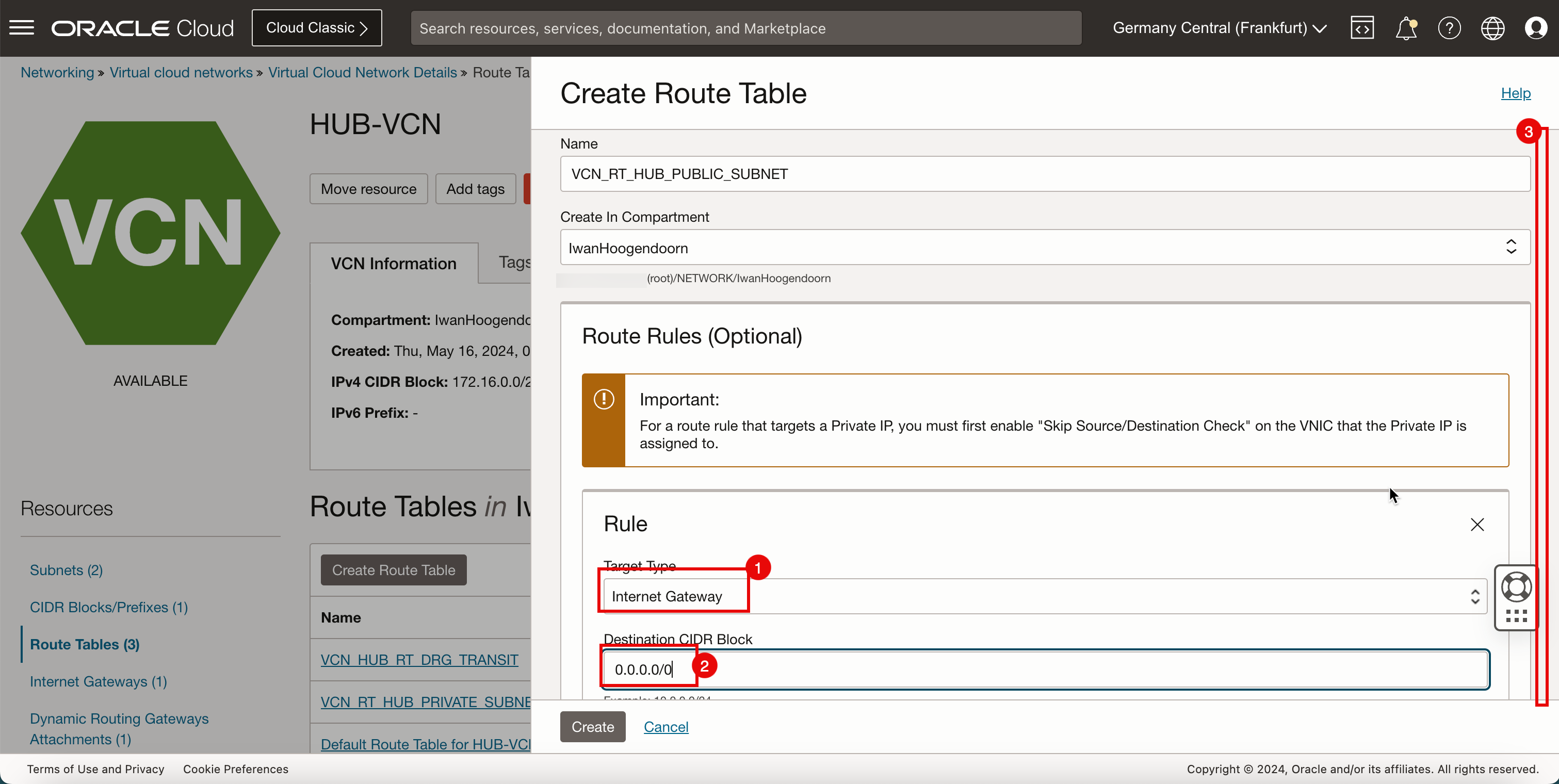

VCN_RT_HUB_PUBLIC_SUBNET)を作成します。宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 インターネット・ゲートウェイ ハブ・インターネット・ゲートウェイ 静的 172.16.1.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.2.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.3.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 -

ルート表の作成

- パブリック・サブネットの新しいハブVCNルート表の名前を入力します。

- 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「インターネット・ゲートウェイ」を選択します。

- 「宛先CIDRブロック」に、

0.0.0.0/0と入力します。 - 下へスクロール

- 「ターゲット・インターネット・ゲートウェイ」で、前に作成したインターネット・ゲートウェイを選択します。

- 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.1.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

-

「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.2.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

-

「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.3.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

- パブリック・サブネットのルート表が作成されることに注意してください。ルーティング表の名前をクリックします。

- また、このルーティング表には4のルーティング・ルールが含まれていることに注意してください。

-

4つのルート・ルールが存在する場合は注意してください。

- 上へスクロール

- 「ハブVCN」をクリックして、ハブVCNページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

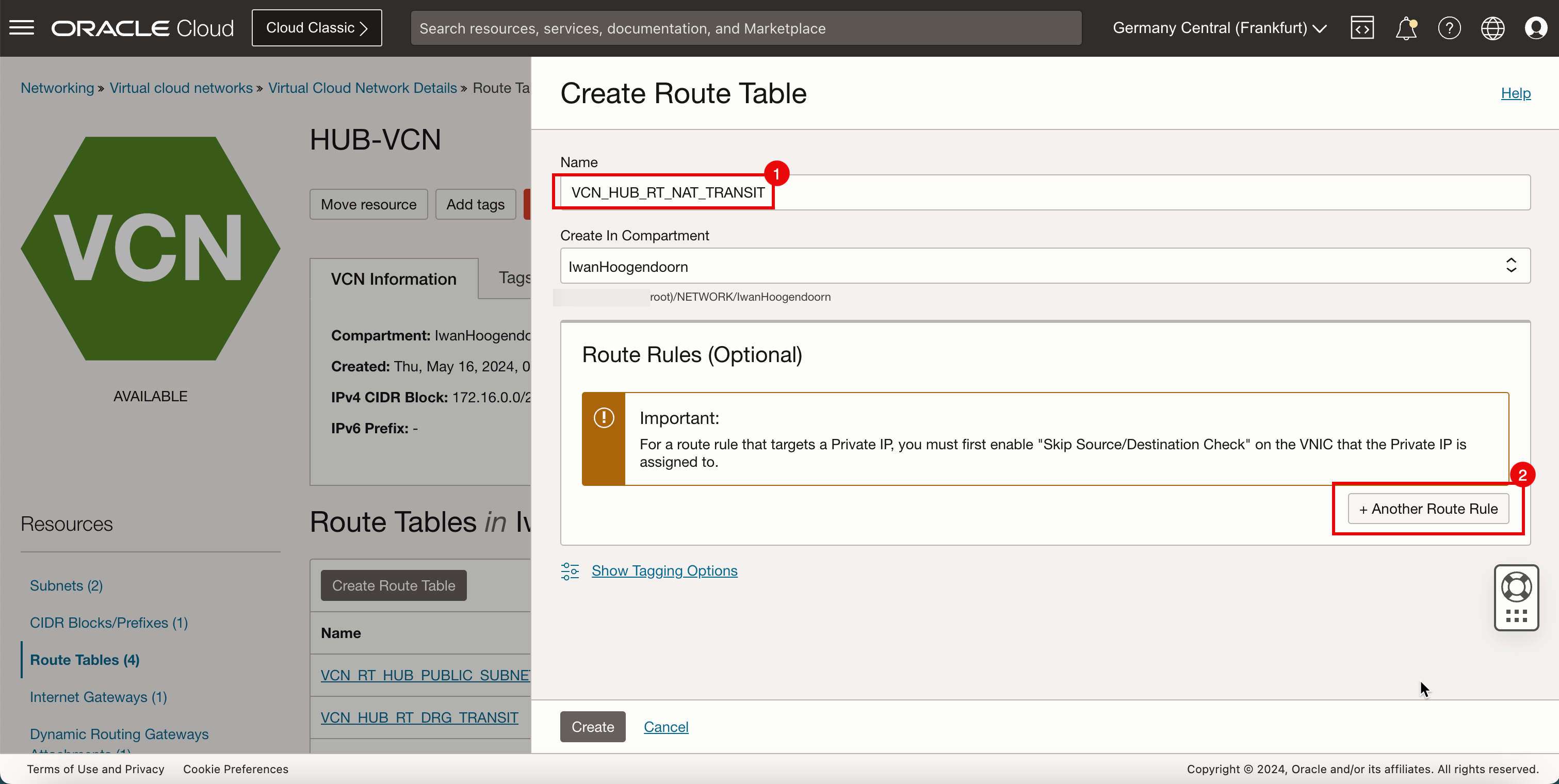

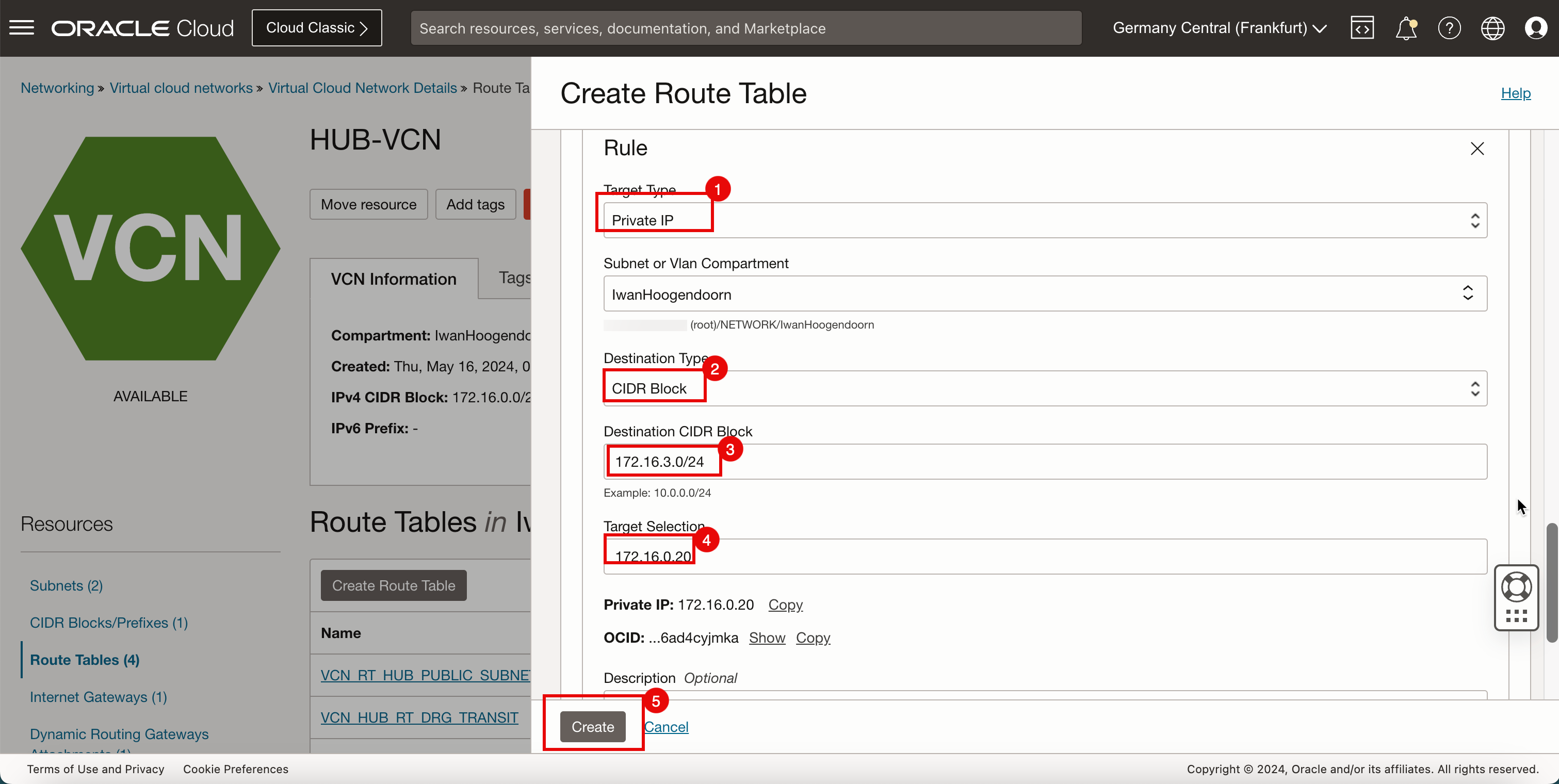

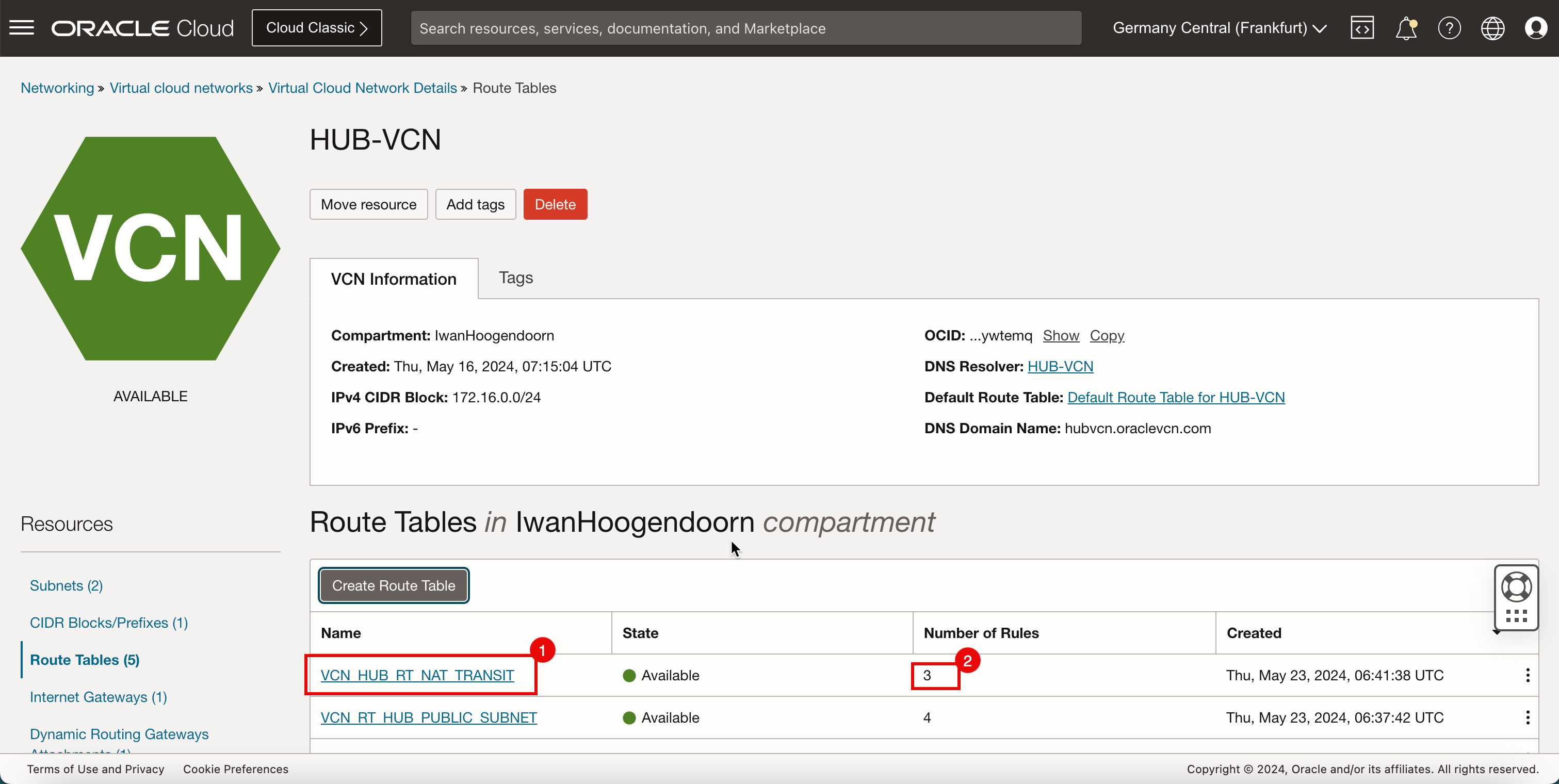

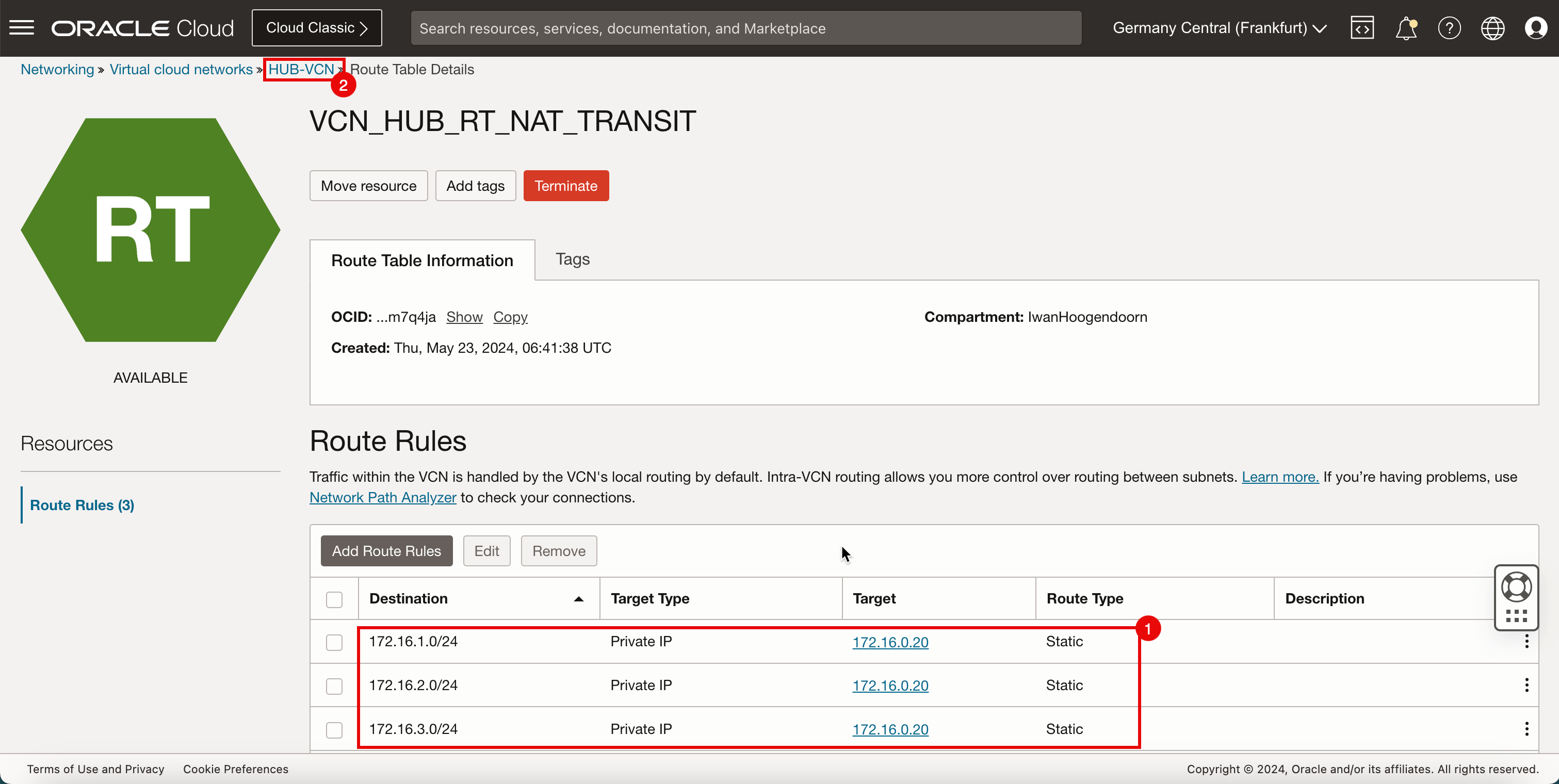

ハブVCNにルート表(

VCN_HUB_RT_NAT_TRANSIT)を作成します。宛先 ターゲット・タイプ Target ルート・タイプ 172.16.1.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.2.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 172.16.3.0/24 プライベートIP 172.16.0.20 (FW IP) 静的 - 「ルート表」をクリックします。

- 「ルート表の作成」を再度クリックして、NATゲートウェイの別のハブVCNルート表を作成します。

- NATゲートウェイの新しいハブVCNルート表の名前を入力します。

- 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.1.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

-

「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.2.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

-

「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「プライベートIP」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.3.0/24と入力します。 - 「ターゲット選択」に、

172.16.0.20と入力します(これは、pfSenseファイアウォールのIPアドレスです)。 - 下へスクロール

- NATゲートウェイのルート表が作成されることに注意してください。ルーティング表の名前をクリックします。

- また、このルーティング表には3つのルーティング・ルールが含まれていることに注意してください。

- 作成した3つのルート・ルールに注意してください。

- 「ハブVCN」をクリックして、ハブVCNページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

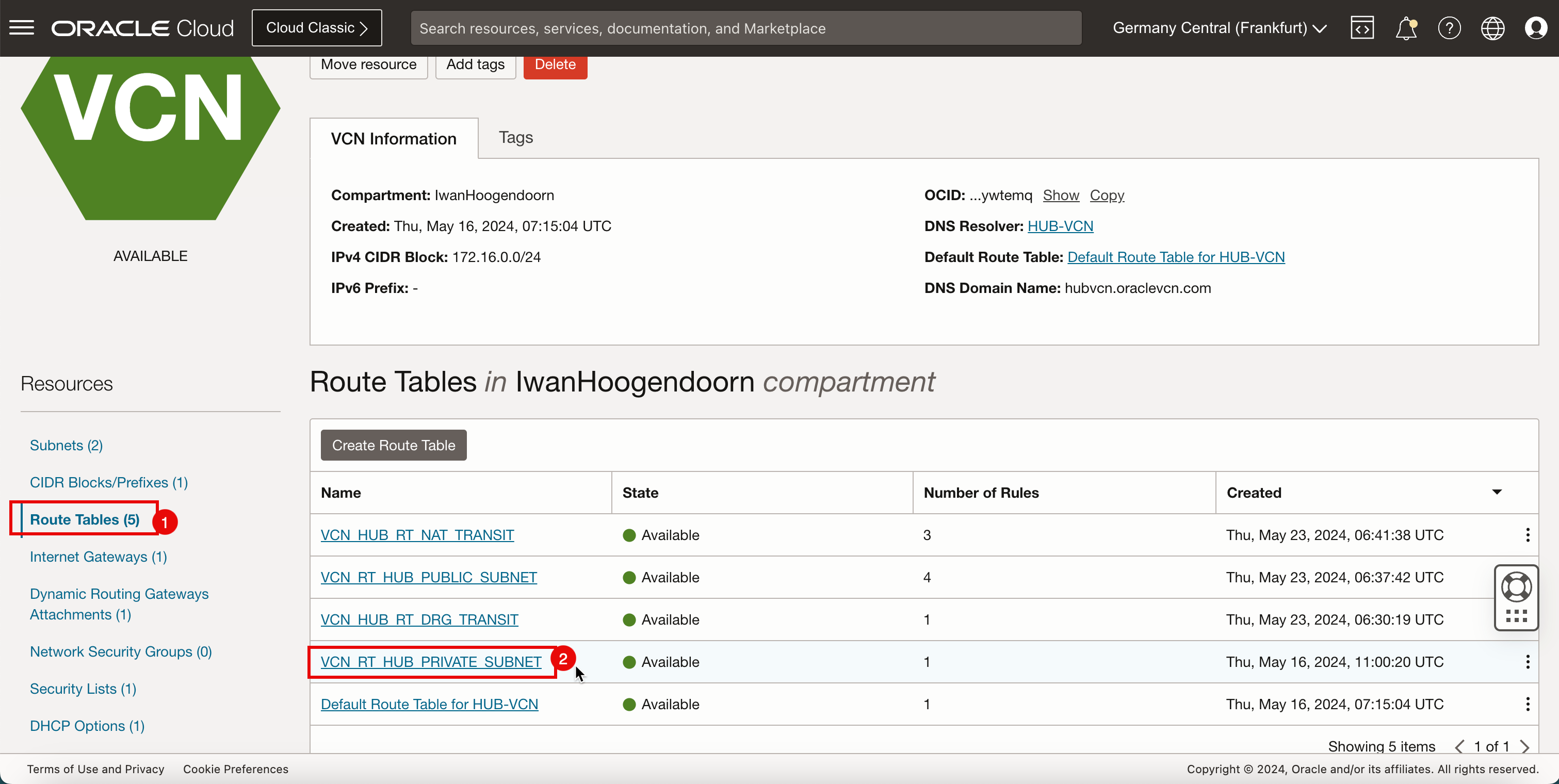

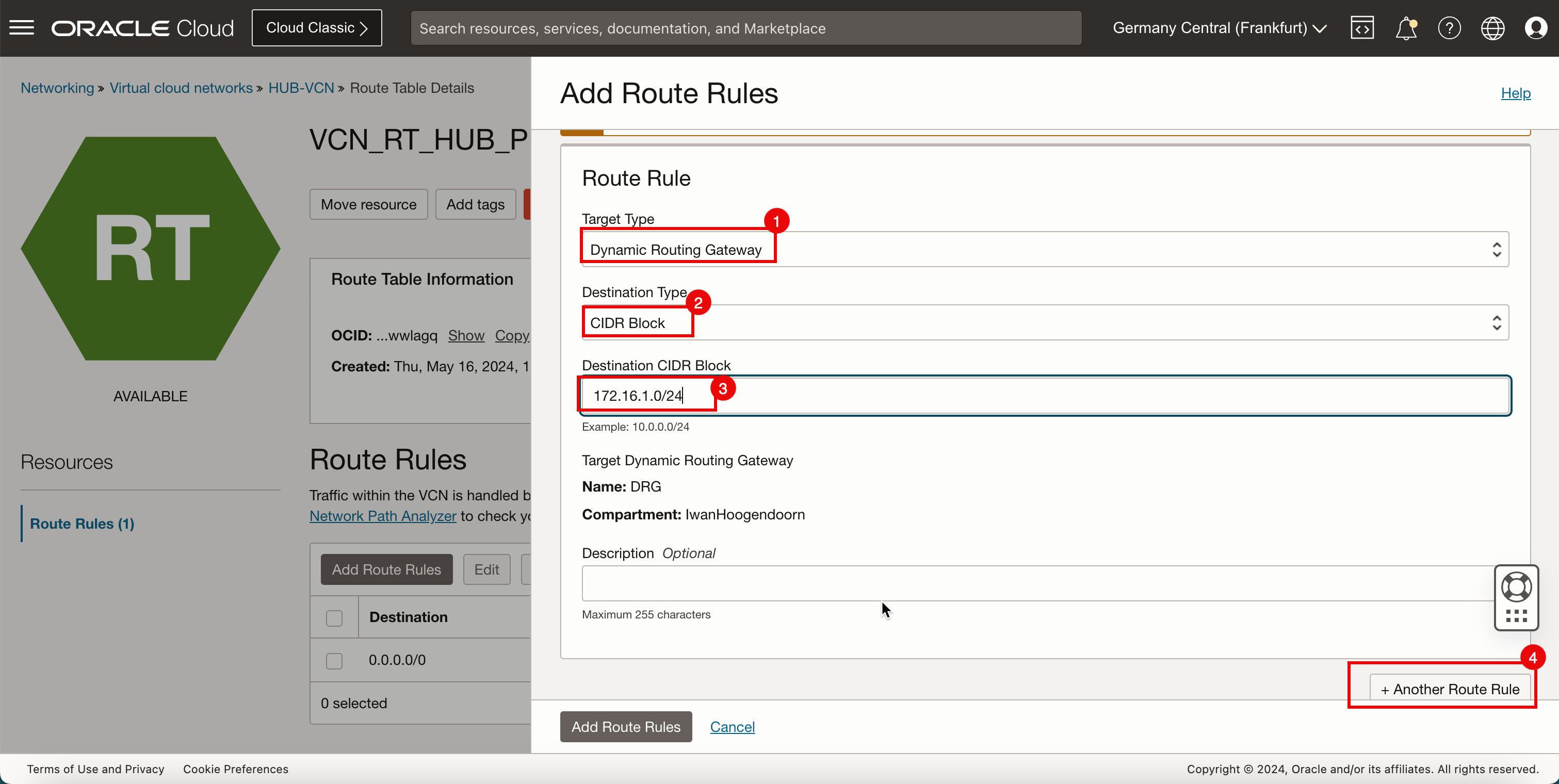

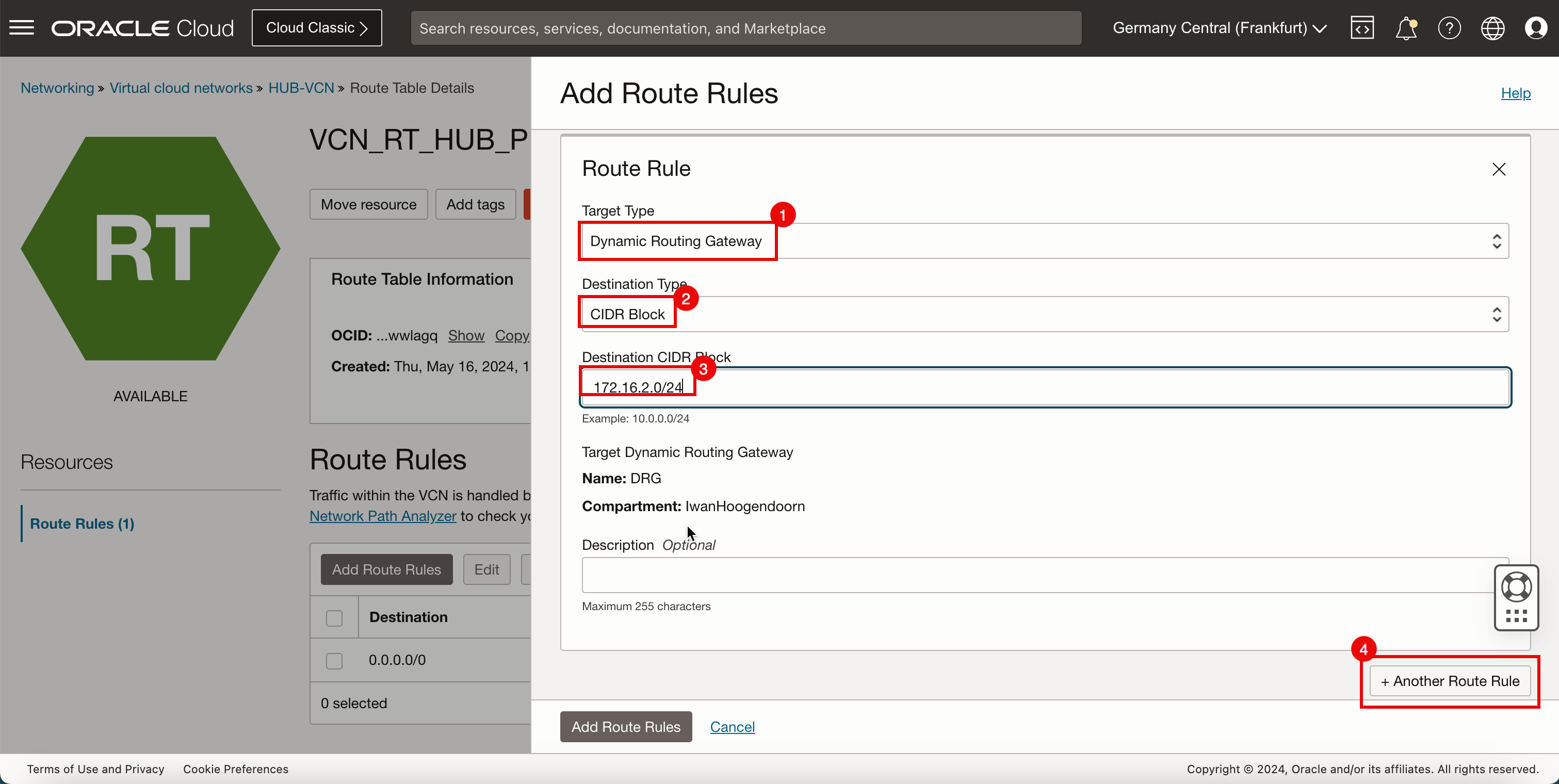

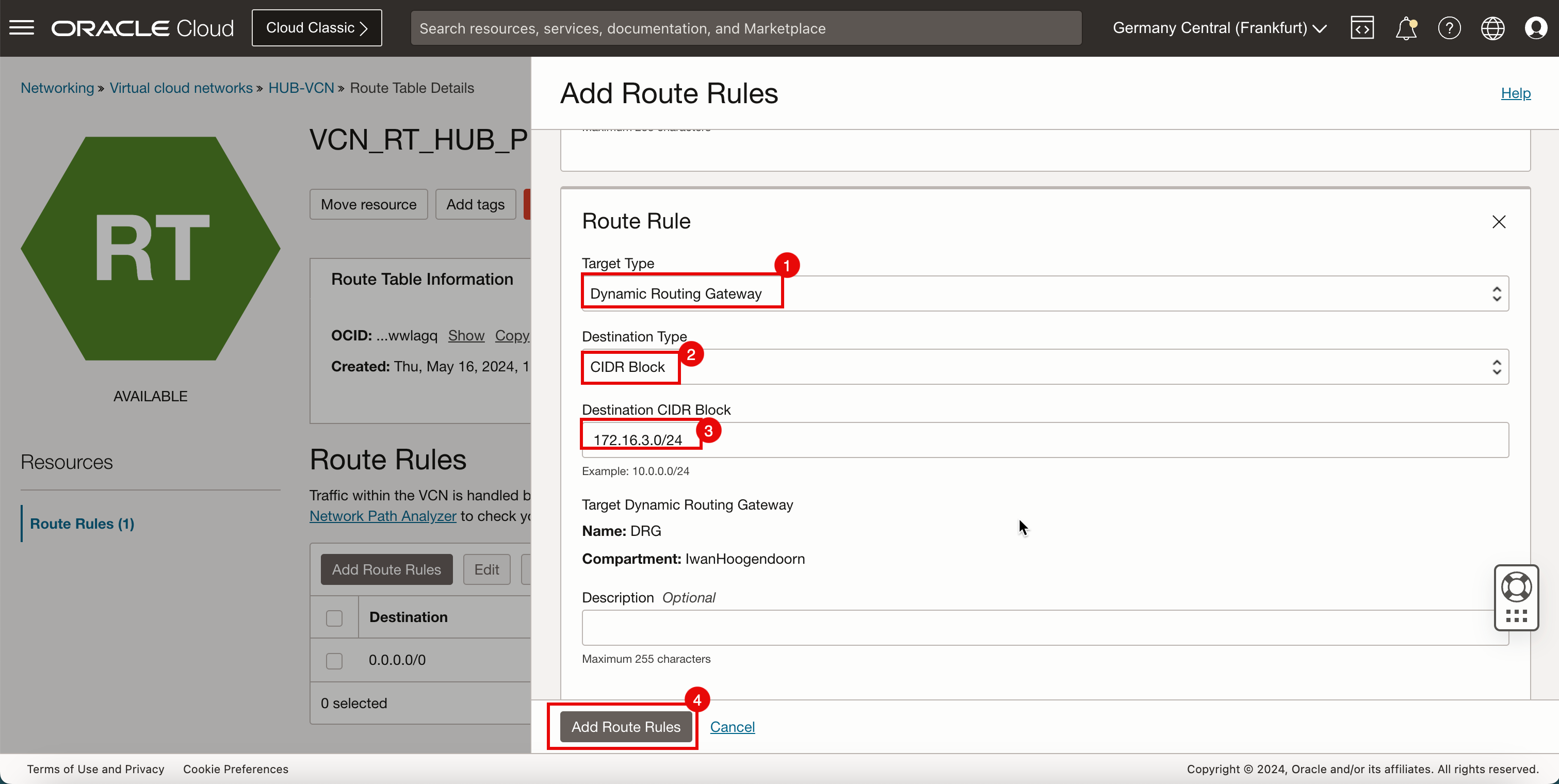

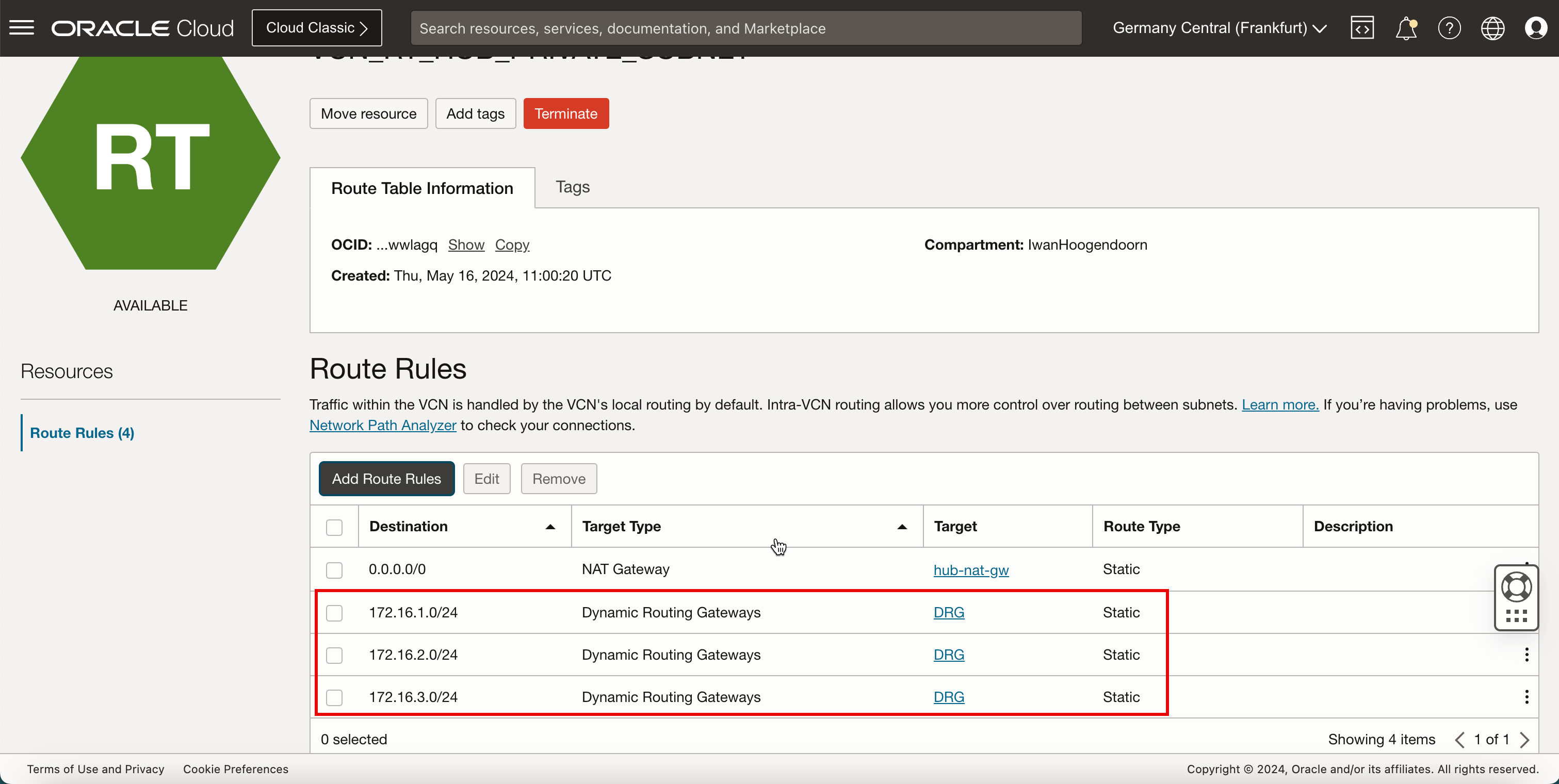

ハブVCNにルート表(

VCN_RT_HUB_PRIVATE_SUBNET)を作成します。宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 NATゲートウェイ ハブナットGW 静的 172.16.1.0/24 動的ルート・ゲートウェイ DRG 静的 172.16.2.0/24 動的ルート・ゲートウェイ DRG 静的 172.16.3.0/24 動的ルート・ゲートウェイ DRG 静的 - 「ルート表」をクリックします。

- プライベート・サブネットのルーティング表をクリックします。この表がない場合は作成します。ルート表を作成するには、「ルート表の作成」をクリックします。

- すべてのトラフィック(

0.0.0.0/0)をプライベート・サブネット・インスタンスのNATゲートウェイにルーティングする1つのルート・ルールがすでに存在することに注意してください。 - 「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.1.0/24と入力します。 - 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.2.0/24と入力します。 - 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.3.0/24と入力します。 - 「ルート・ルールの追加」をクリックします。

-

プライベート・サブネット・ルーティング表のすべてのルート・ルールに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

タスク7.4: DRGルーティング表の作成と構成

-

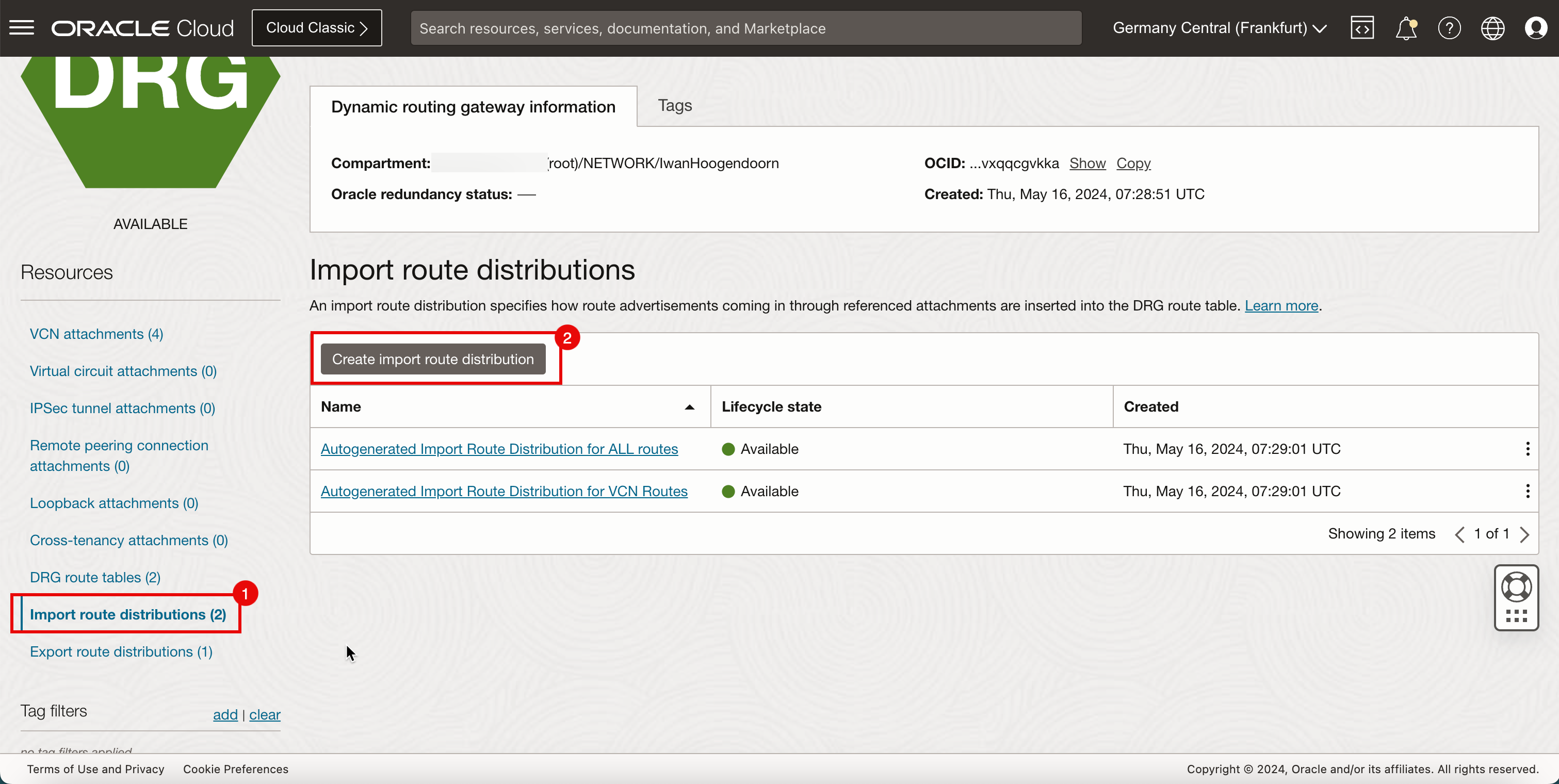

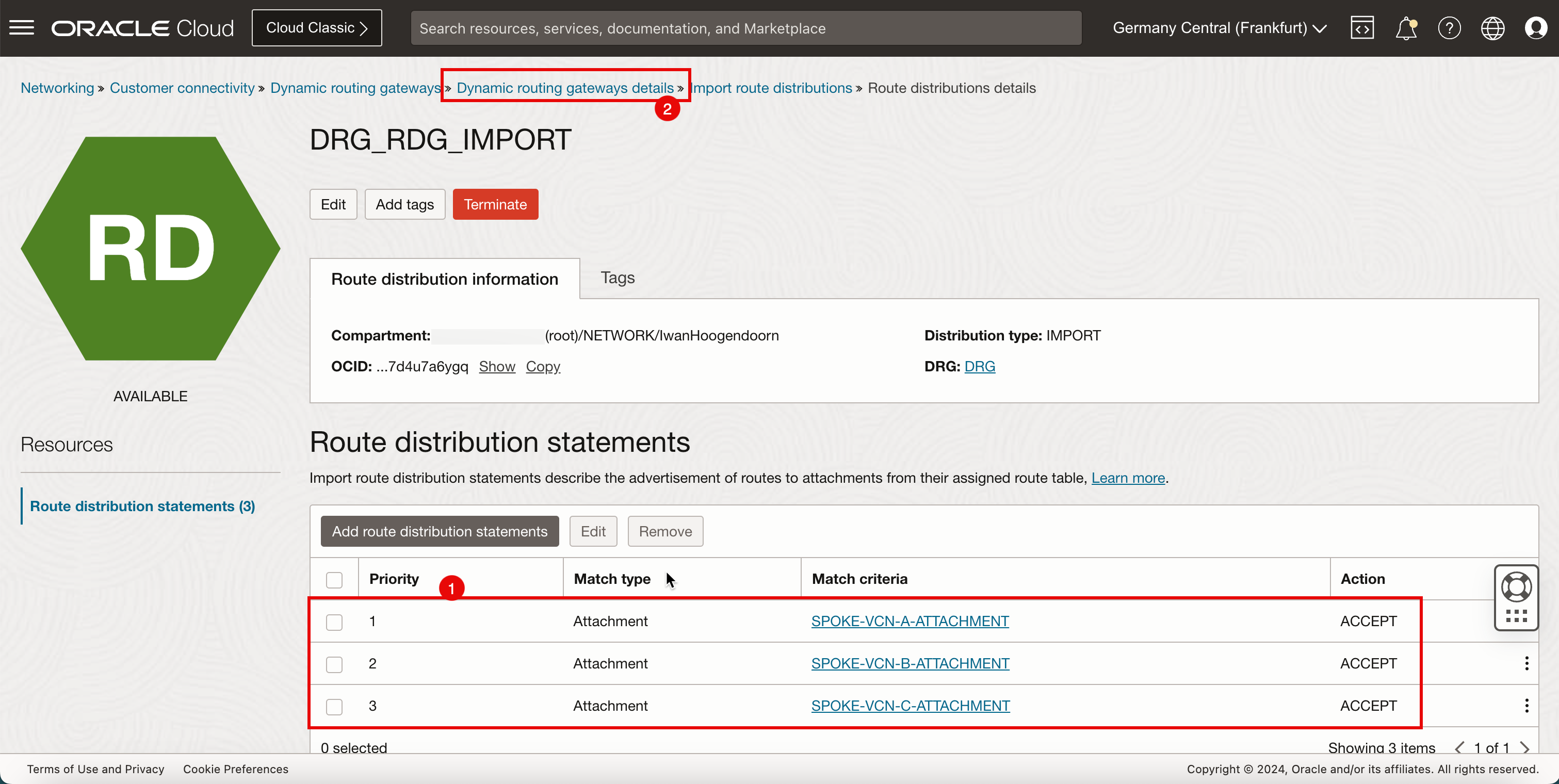

DRGにルート・ディストリビューション・グループ(

DRG_RDG_IMPORT)を作成します。優先度 一致のタイプ 一致条件 アクション 1 添付 SPOKE_VCN - 添付ファイル(_A) ACCEPT 2 添付 SPOKE_VCN - B_ATTACHMENT ACCEPT 3 添付 SPOKE_VCN-C_ATTACHMENT ACCEPT - 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「Dynamic Routing Gateway」をクリックします。

-

タスク3で作成したDRGをクリックします。

- 「ルート・ディストリビューションのインポート」をクリックします。

- 「ルート・ディストリビューションのインポートの作成」をクリックします。

-

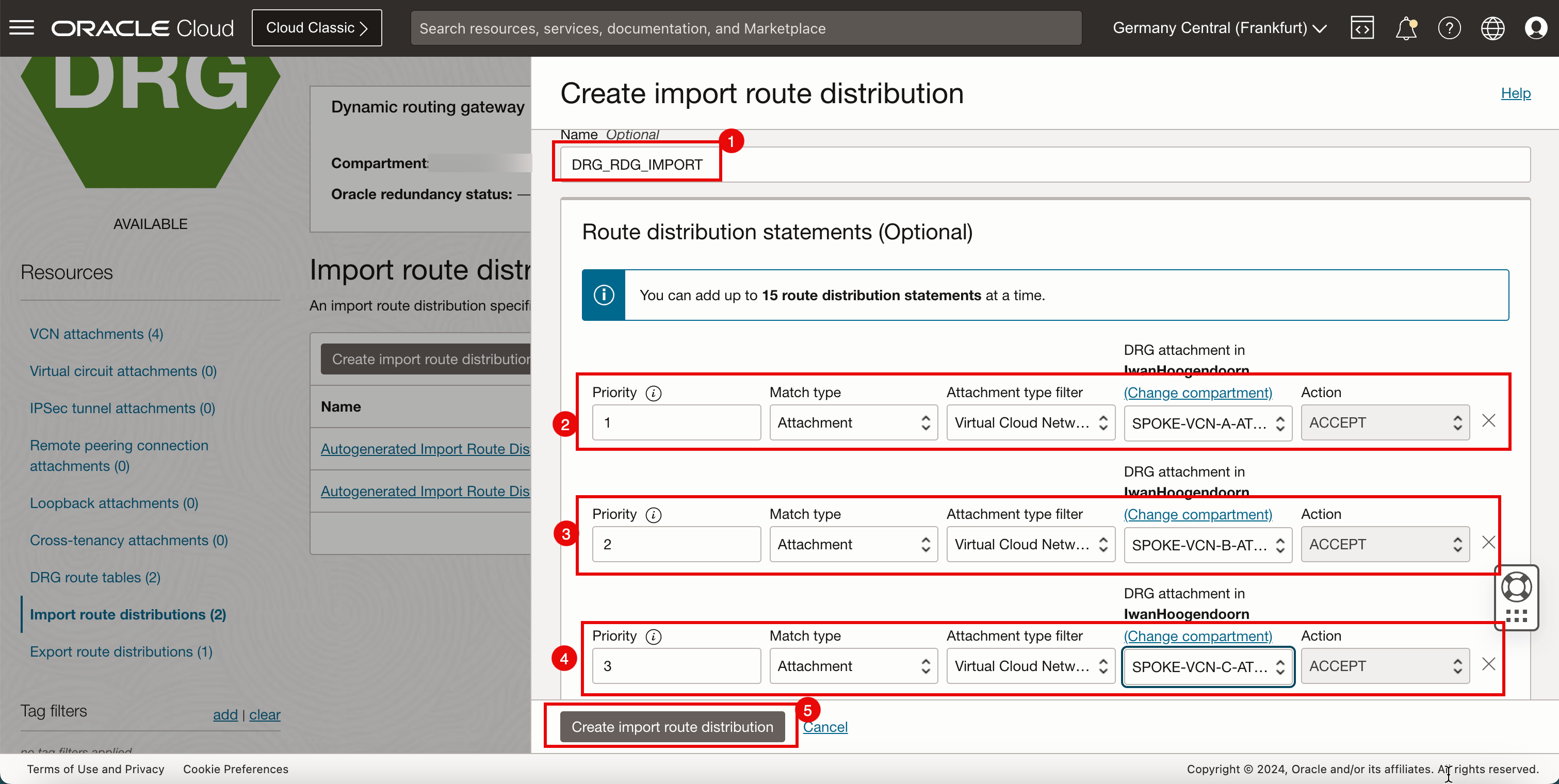

「ルート・ディストリビューションのインポートの作成」ページで、次の情報を入力します。

- ルート・ディストリビューションの「名前」を入力します。

- 新しいルート・ディストリビューション文を作成します。

- 優先度: 1と入力します。

- 一致タイプ: 「アタッチメント」を選択します。

- アタッチメント・タイプ・フィルタ: 「Virtual Cloud Network」を選択します。

- DRGアタッチメント: 「スポークVCN A」を選択します。

- 処置: 「受入」を選択します。

- 新しいルート・ディストリビューション文を作成します

- 優先度: 2と入力します。

- 一致タイプ: 「アタッチメント」を選択します。

- アタッチメント・タイプ・フィルタ: 「Virtual Cloud Network」を選択します。

- DRGアタッチメント: 「スポークVCN B」を選択します。

- 処置: 「受入」を選択します。

- 新しいルート・ディストリビューション文を作成します

- 優先度: 3と入力します。

- 一致タイプ: 「アタッチメント」を選択します。

- アタッチメント・タイプ・フィルタ: 「Virtual Cloud Network」を選択します。

- DRGアタッチメント: 「スポークVCN C」を選択します。

- 処置: 「受入」を選択します。

- 「ルート・ディストリビューションのインポートの作成」をクリックします。

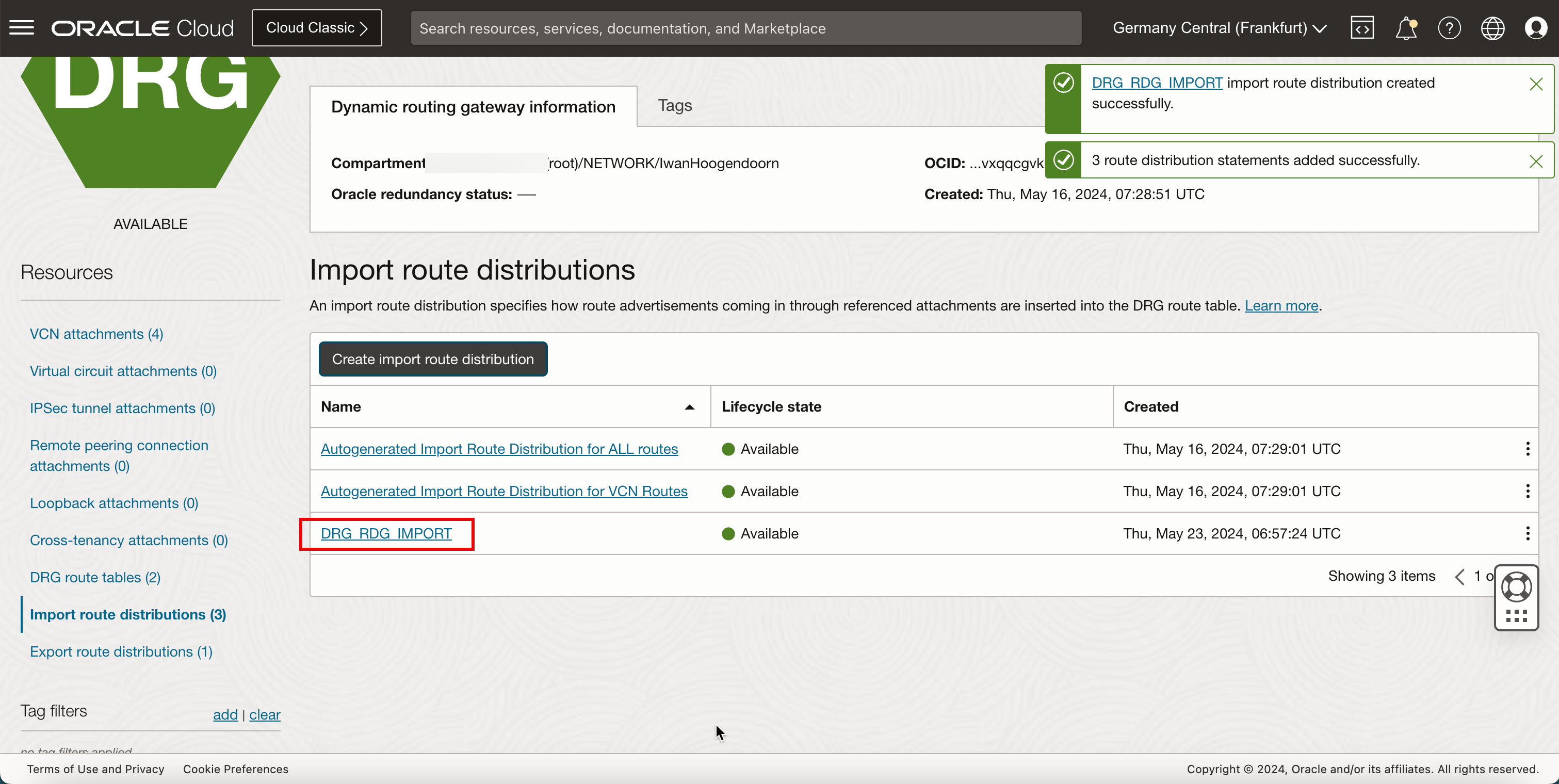

-

新しいインポート・ルート・ディストリビューションをクリックします。

- ルート・ディストリビューション文に注意してください。

- 「動的ルーティング・ゲートウェイの詳細」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

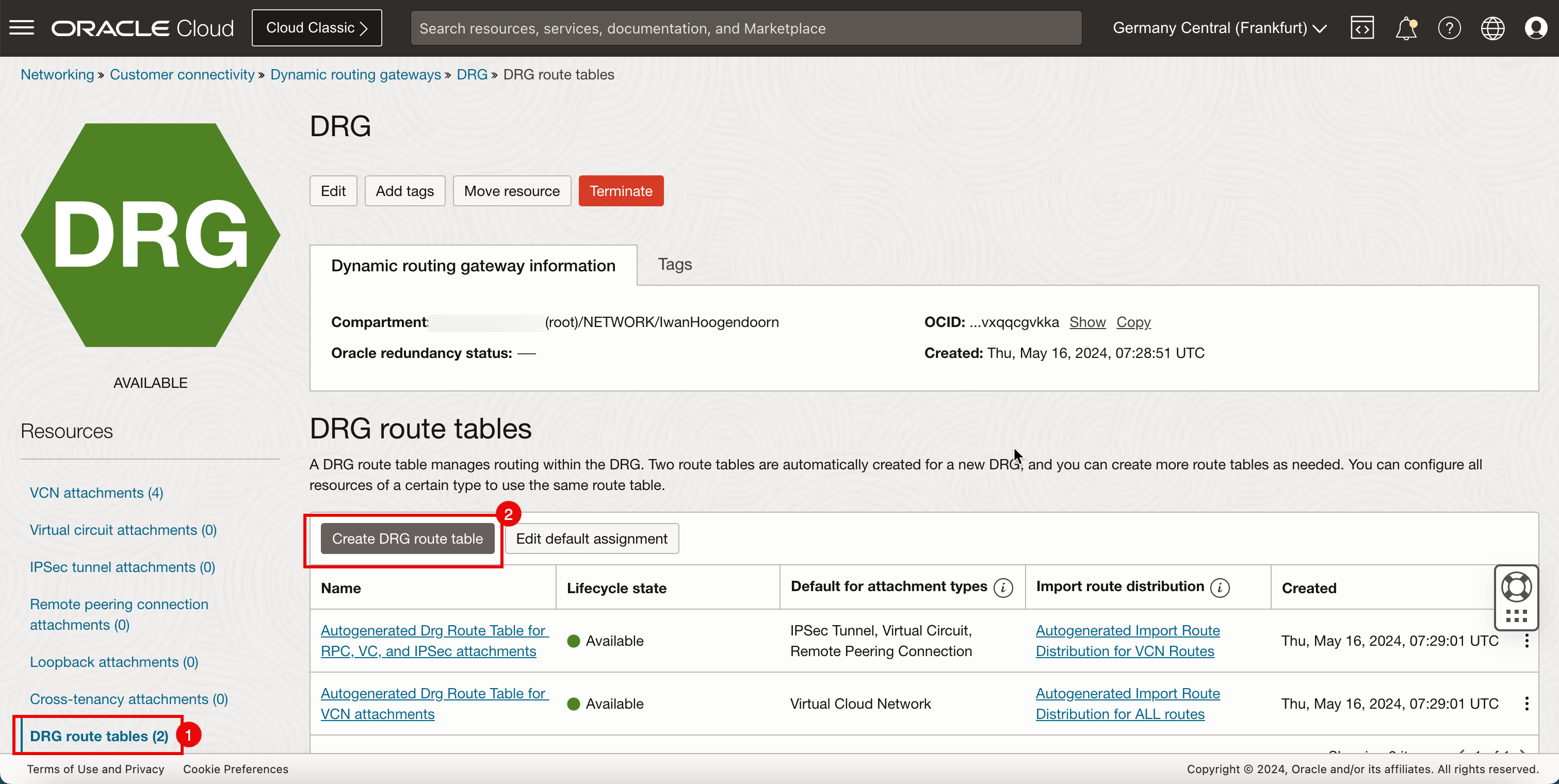

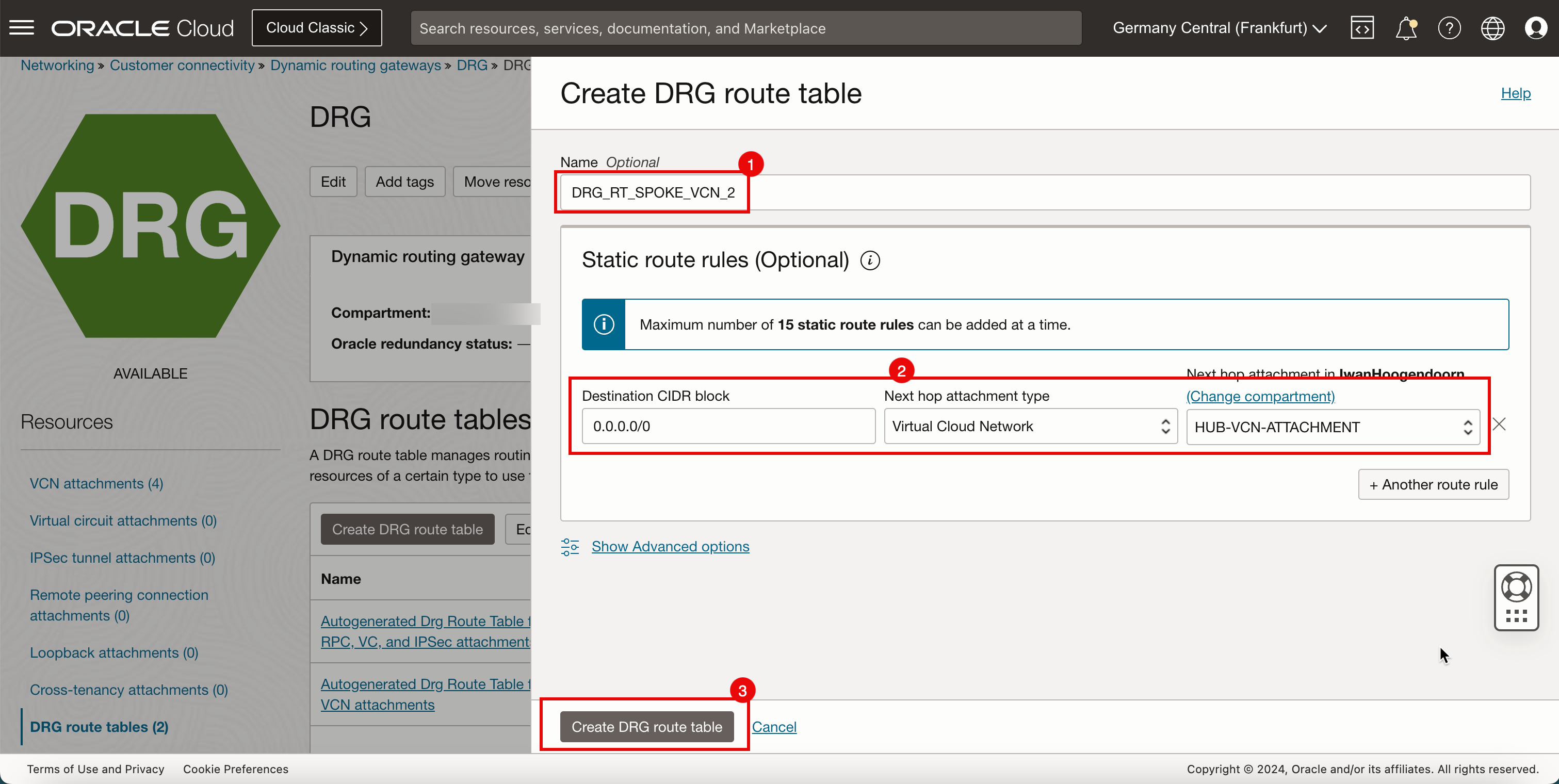

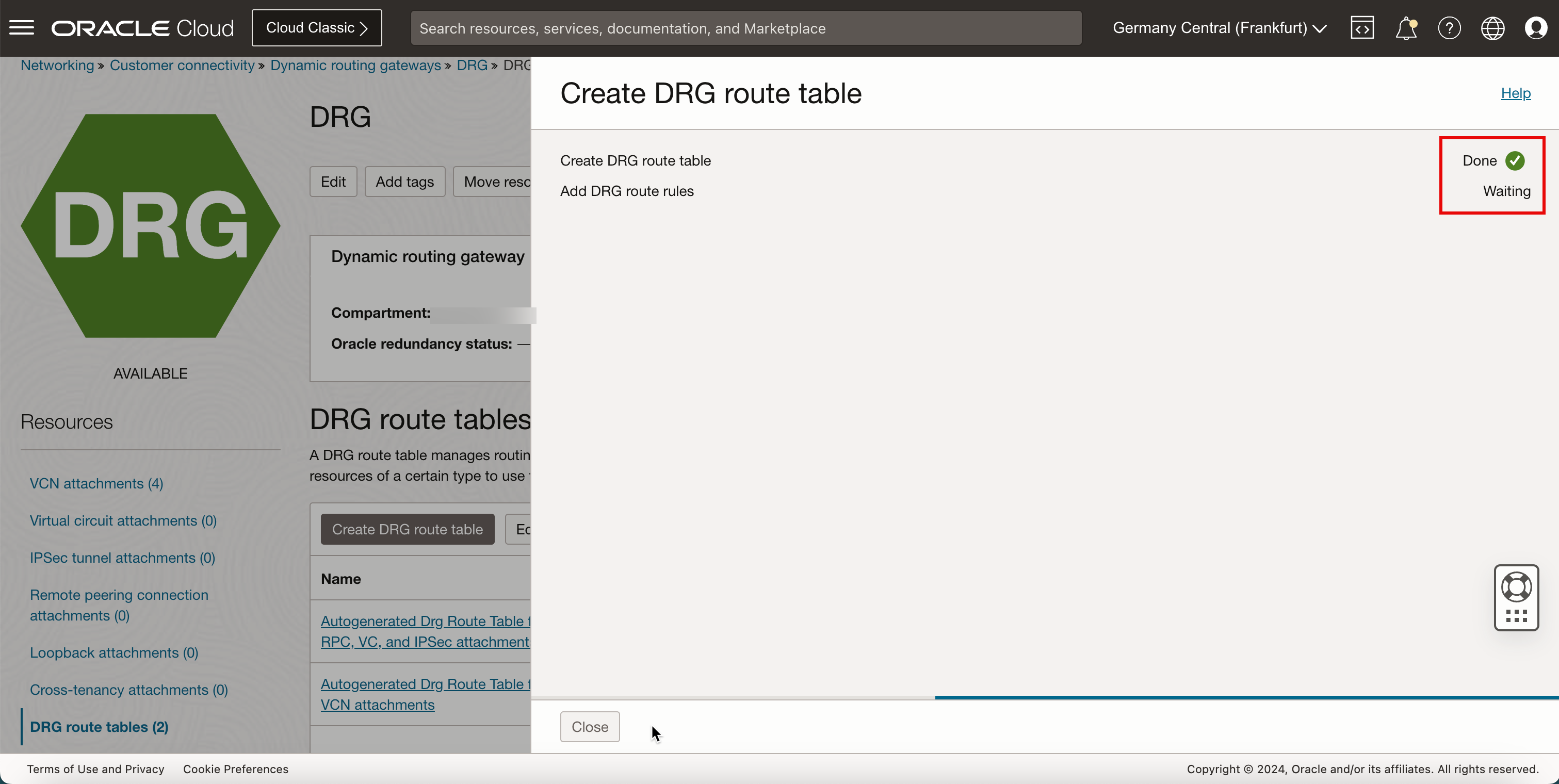

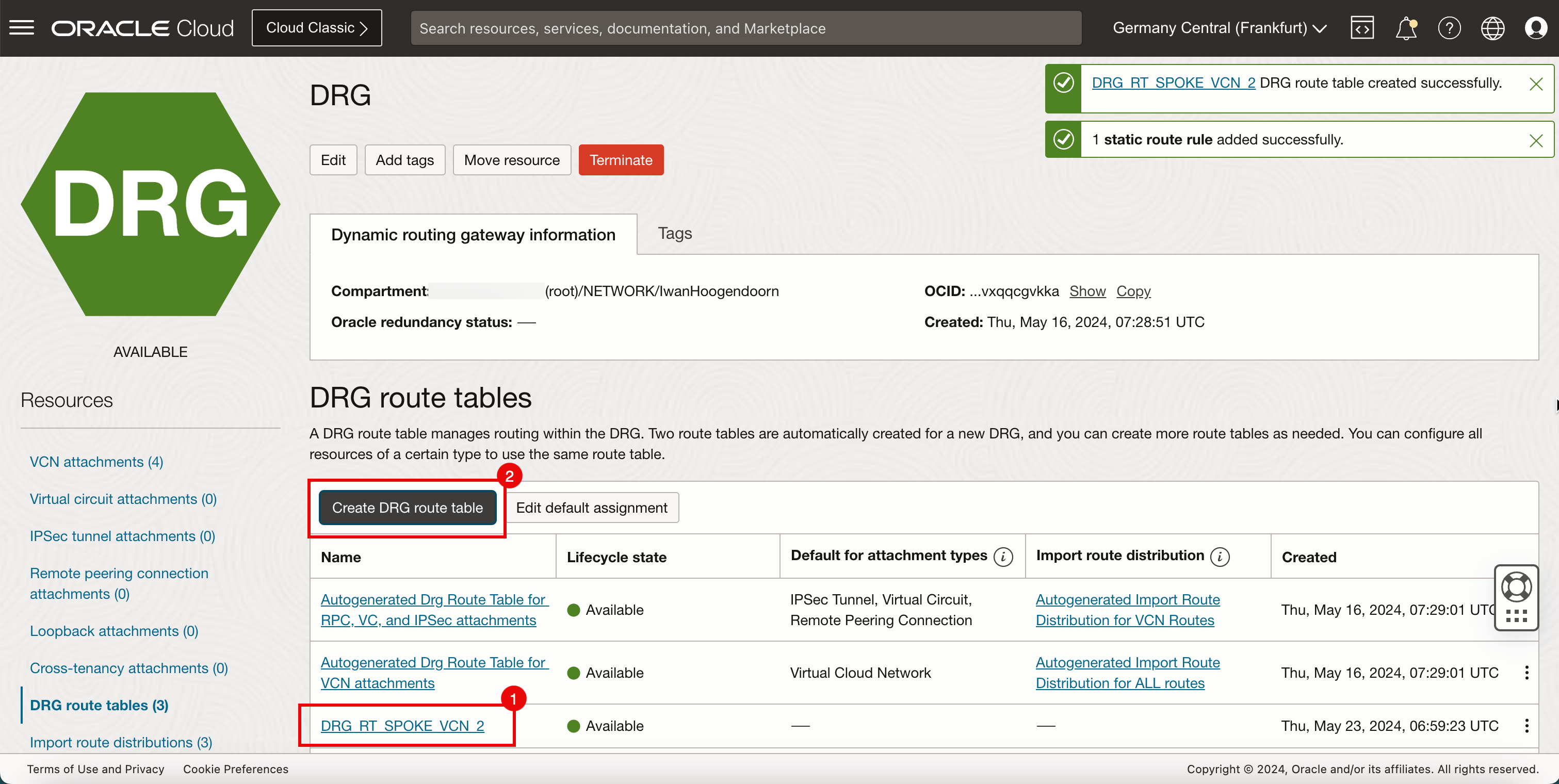

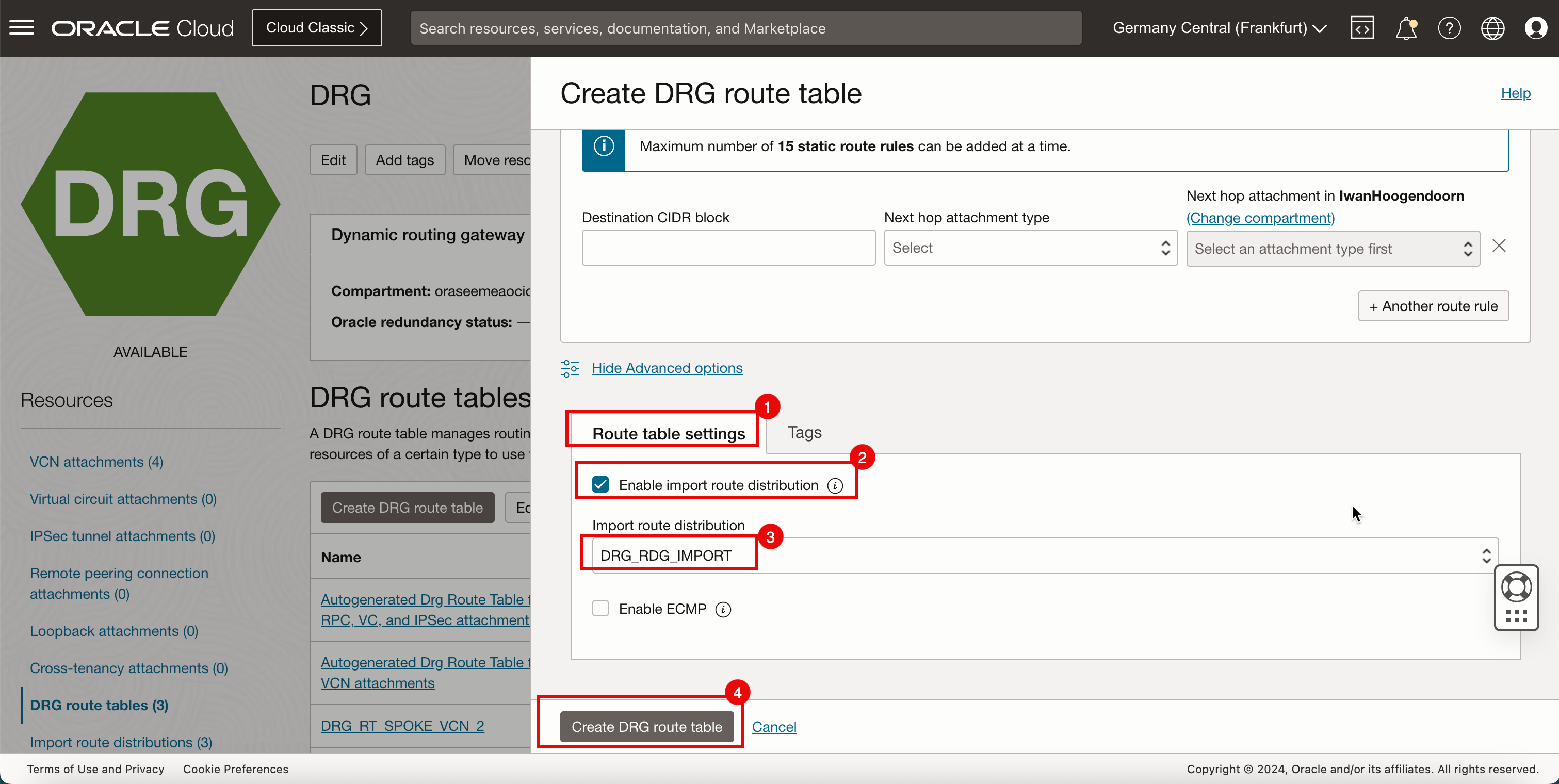

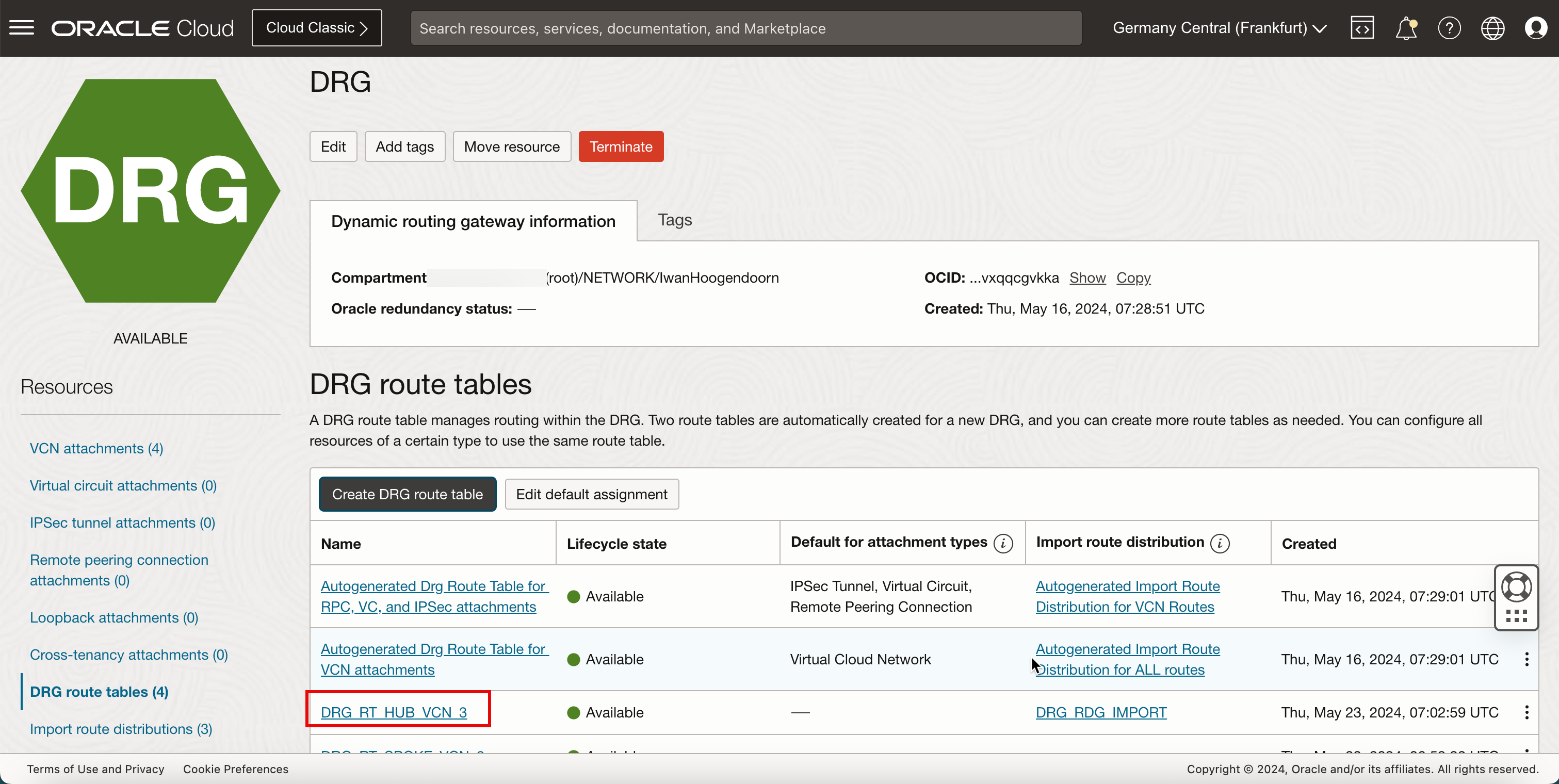

DRGにルート表(

DRG_RT_SPOKE_VCN_2)を作成します。宛先CIDR 次のホップ・アタッチメント・タイプ 次のホップ・アタッチメント名 0.0.0.0/0 仮想クラウド・ネットワーク HUB_VCN_ATTACHMENT - 「DRGルート表」をクリックします。

- 「DRGルート表の作成」をクリックします。

- DRGルート表の名前を入力します。

- 新しい静的ルールを追加します。

- 宛先CIDRブロック:

0.0.0.0/0と入力します。 - ネクスト・ホップ・アタッチメント・タイプ: 「Virtual Cloud Network」を選択します

- ネクスト・ホップ・アタッチメント: 「ハブVCN」を選択します。

- 宛先CIDRブロック:

- 「DRGルート表の作成」をクリックします。

-

ルート表の作成を待機します。

- 新しいDRGルート表が作成されることに注意してください。

- 「DRGルート表の作成」をクリックして、別のDRGルーティング表を作成します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

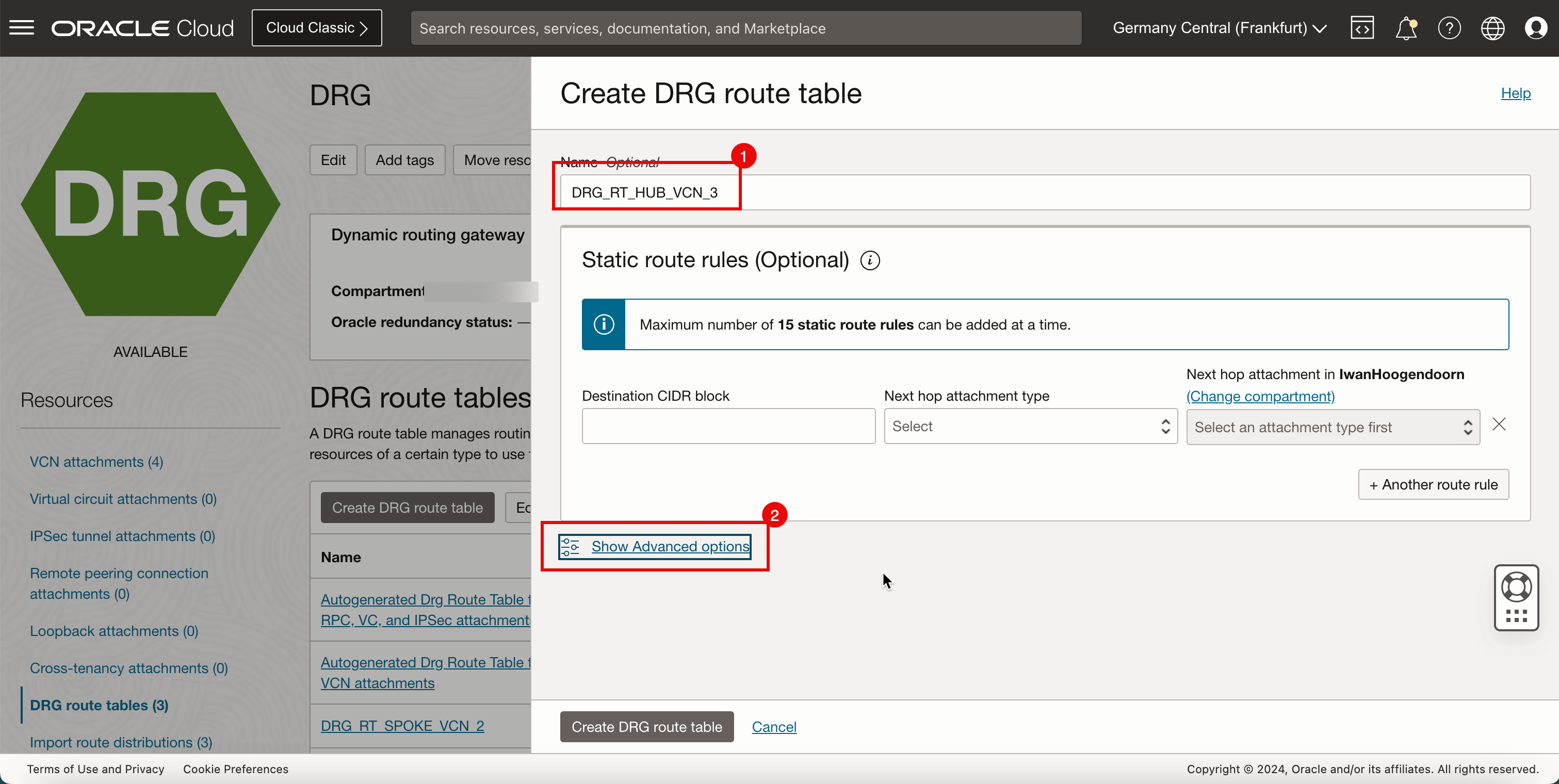

DRGにルート表(

DRG_RT_HUB_VCN_3)を作成し、ルート・ディストリビューション・グループ(DRG_RDG_IMPORT)をインポートします。- DRGルート表の名前を入力します。

- 「拡張オプションの表示」をクリックします。

-

前に作成したルート・ディストリビューションのインポートをインポートします。

- 「ルート表設定」をクリックします。

- 「ルート・ディストリビューションのインポートの有効化」を選択します。

- 前に作成したインポート・ルート・ディストリビューションを選択します。

- 「DRGルート表の作成」をクリックします。

- 新しいDRGルート表が作成されていることを確認します。

-

次の図は、これまでに作成したものを視覚的に示したものです。

タスク7.5: ルート表の添付

ルート表を作成したので、ルート表をDRG、VCN、サブネットおよびゲートウェイにアタッチする必要があります。

ノート: ルーティングがアクティブ化される場所であるため、これは、本番環境で実装または変更を行う前に、最初に検討して適切にテストする必要がある慎重なプロセスです。

DRGルート表をアタッチします:

まず、DRGルーティング表をアタッチします。

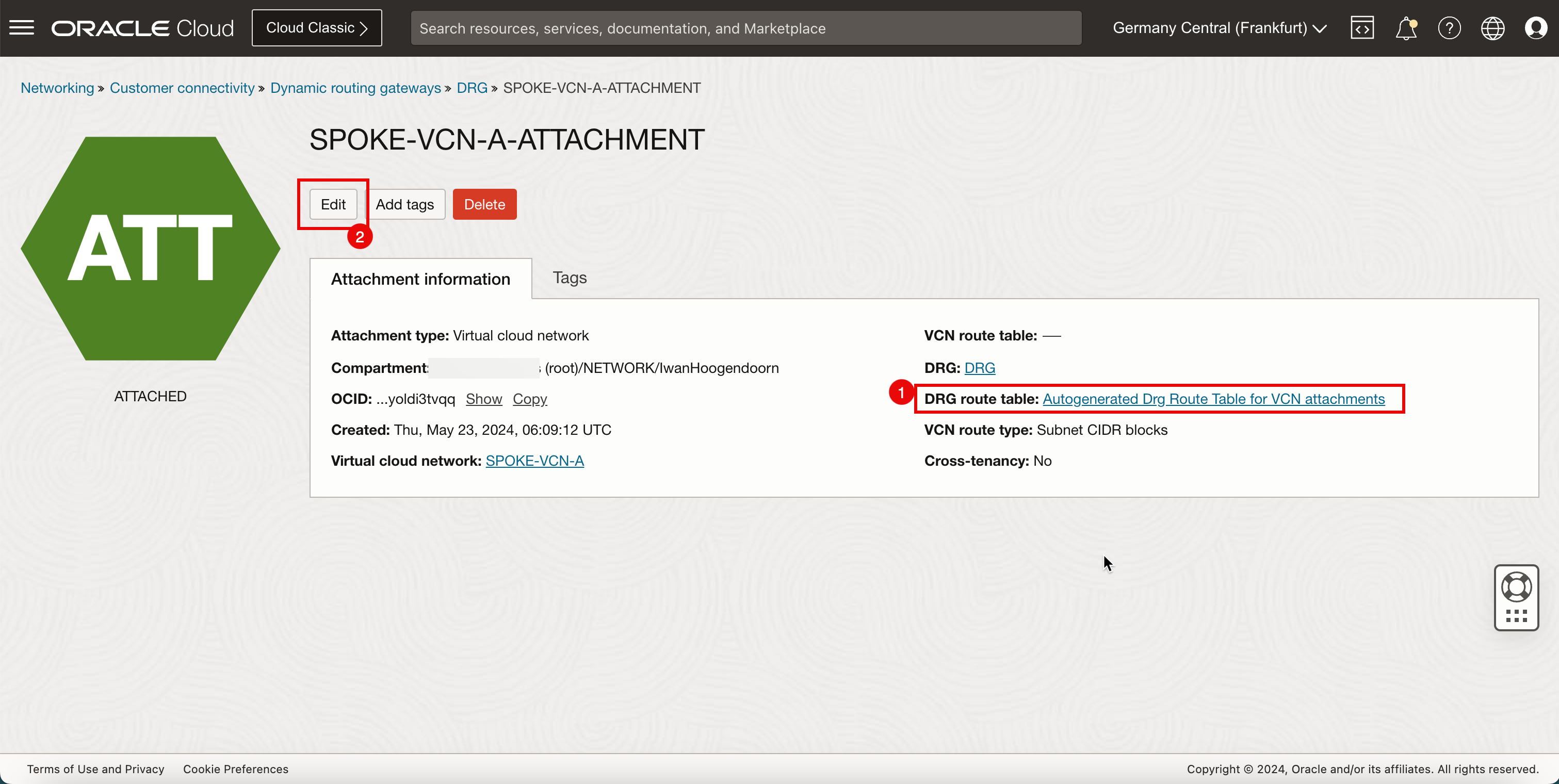

スポークVCNアタッチメントへのDRGルーティング表のアタッチ

ルーティング情報: (DRG_RT_SPOKE_VCN_2)このDRGルート表およびルート表のアタッチメントにより、スポークVCNからのすべてのトラフィックがハブVCNにルーティングされるようになります。

最初に、()DRG_RT_SPOKE_VCN_2) DRGルーティング表をすべてのスポークVCNアタッチメントにアタッチします。

-

「DRG」ページに移動します。「ネットワーキング」、「Dynamic Routing Gateway」をクリックし、前に作成したDRGを選択します。

- 「VCNアタッチメント」をクリックします。

- スポークAのVCNアタッチメントをクリックします。

- スポークAのVCNアタッチメントには、自動生成されたDRG表が関連付けられていることに注意してください。これを変更する必要があります。

- 「編集」をクリックします。

-

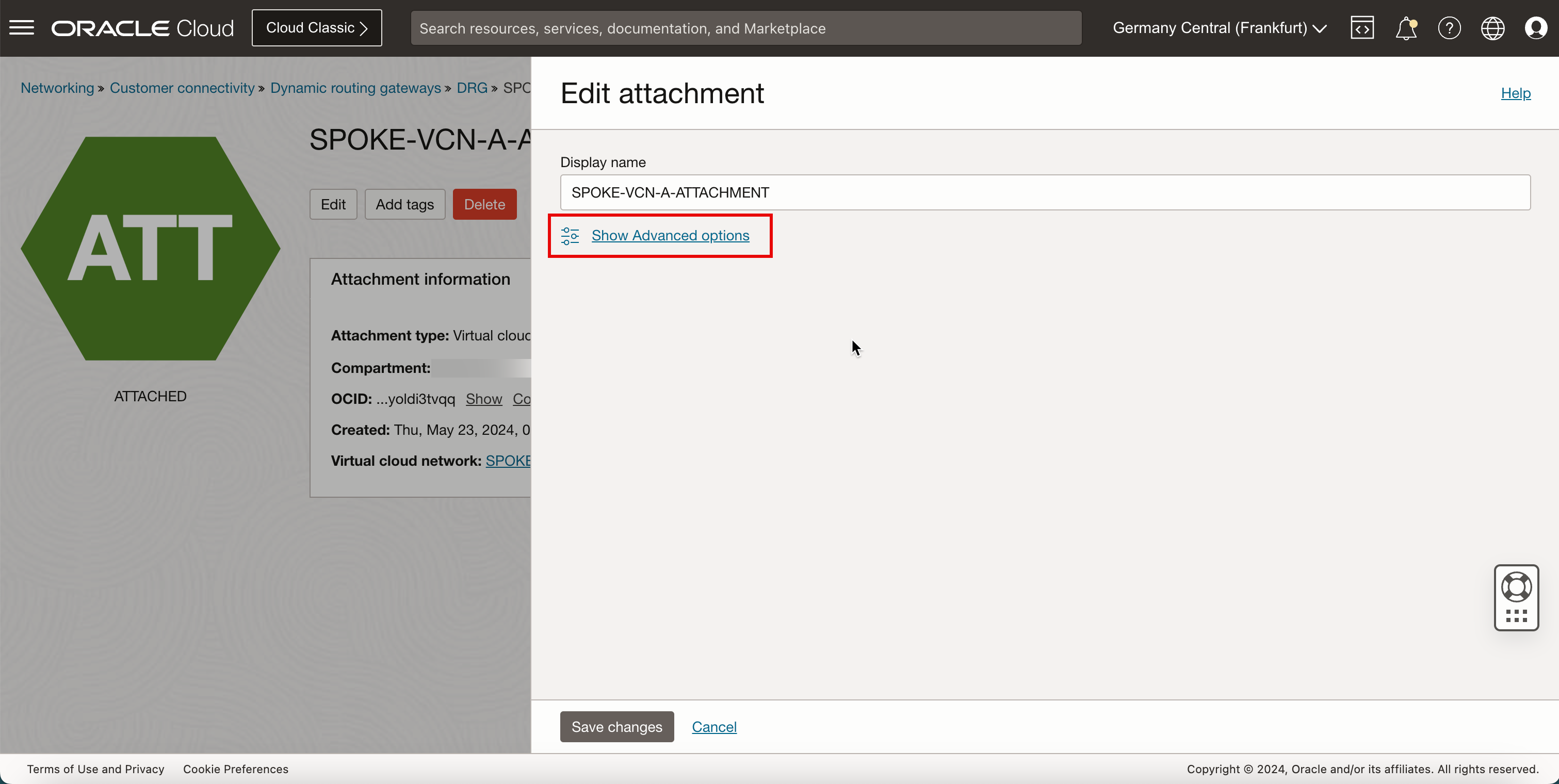

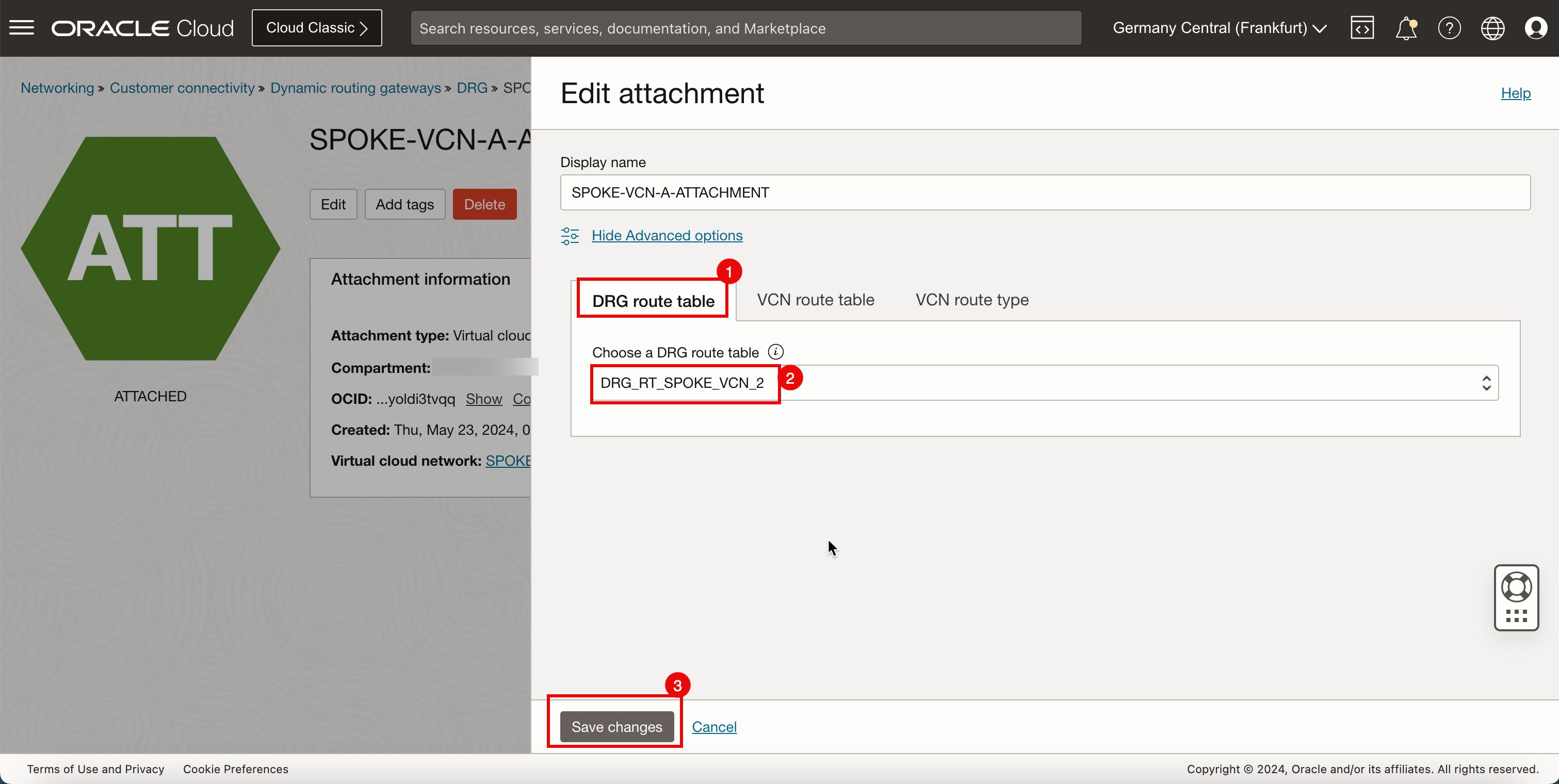

「拡張オプションの表示」をクリックします。

- DRGルート表を選択します。

- 前に作成したDRGルート表

DRG_RT_SPOKE_VCN_2を選択します。 - 「変更を保存」をクリックします。

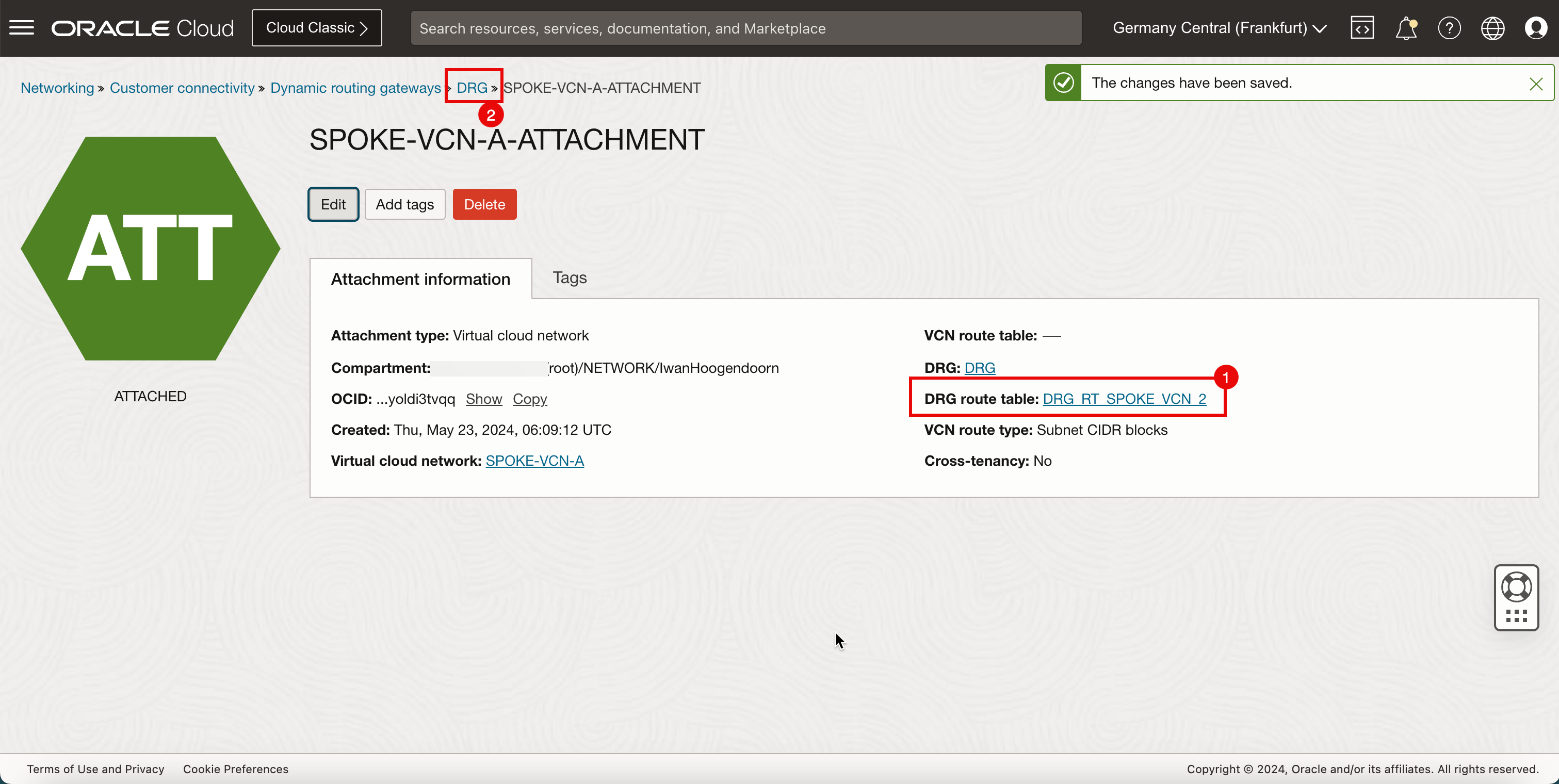

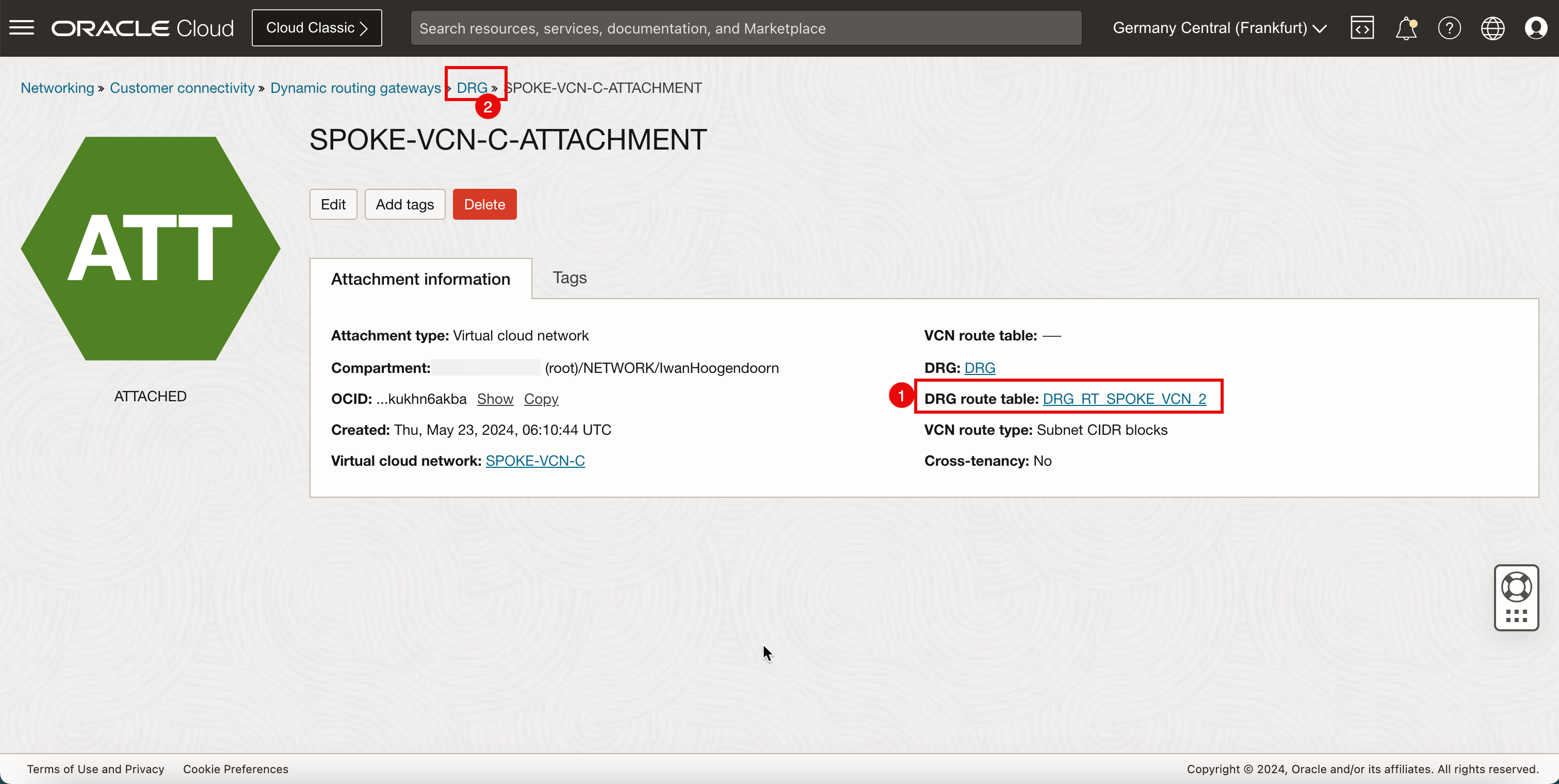

- 新しいDRGルート表がスポークA VCNアタッチメントでアクティブであることに注意してください。

- 「DRG」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

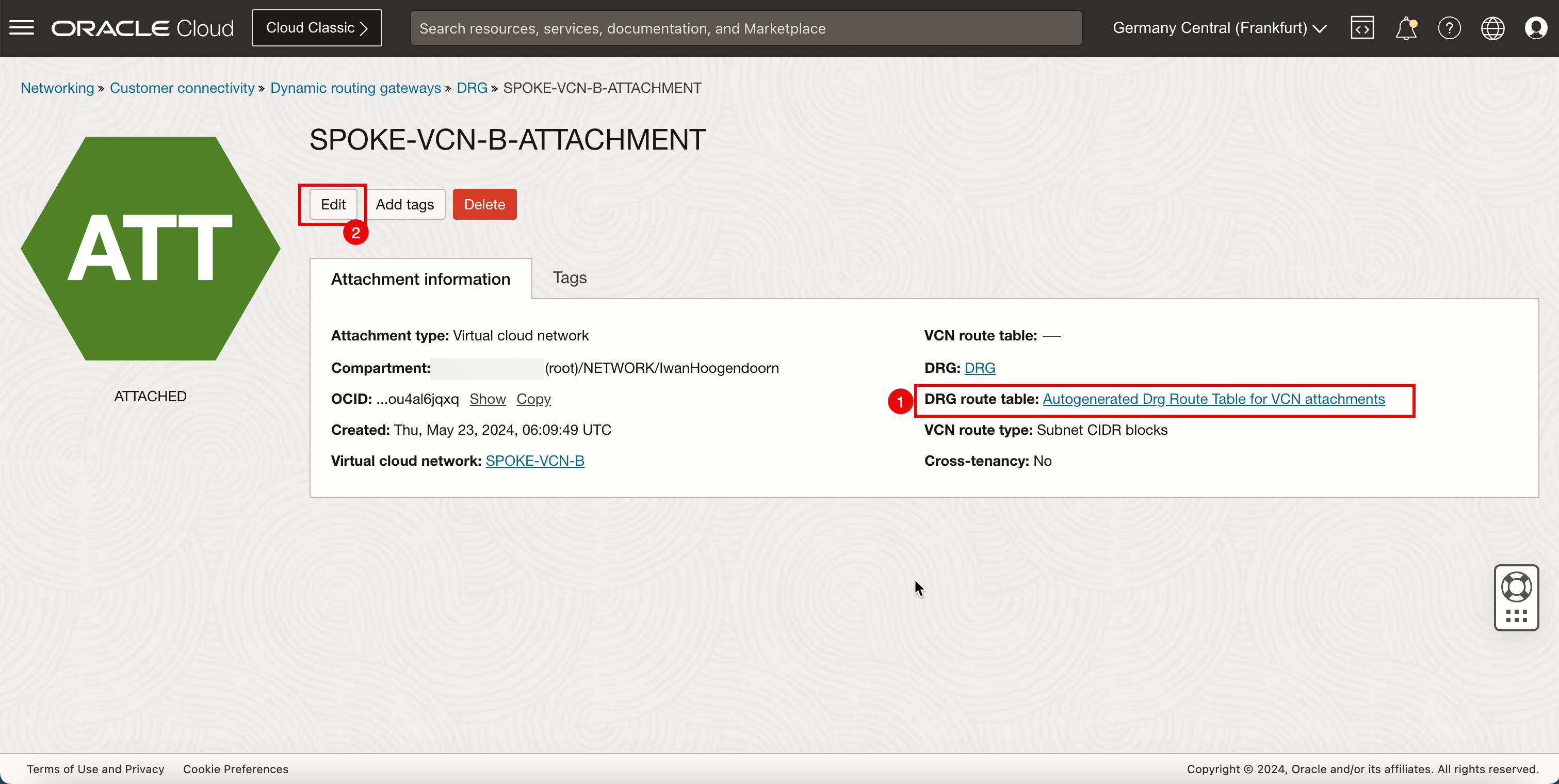

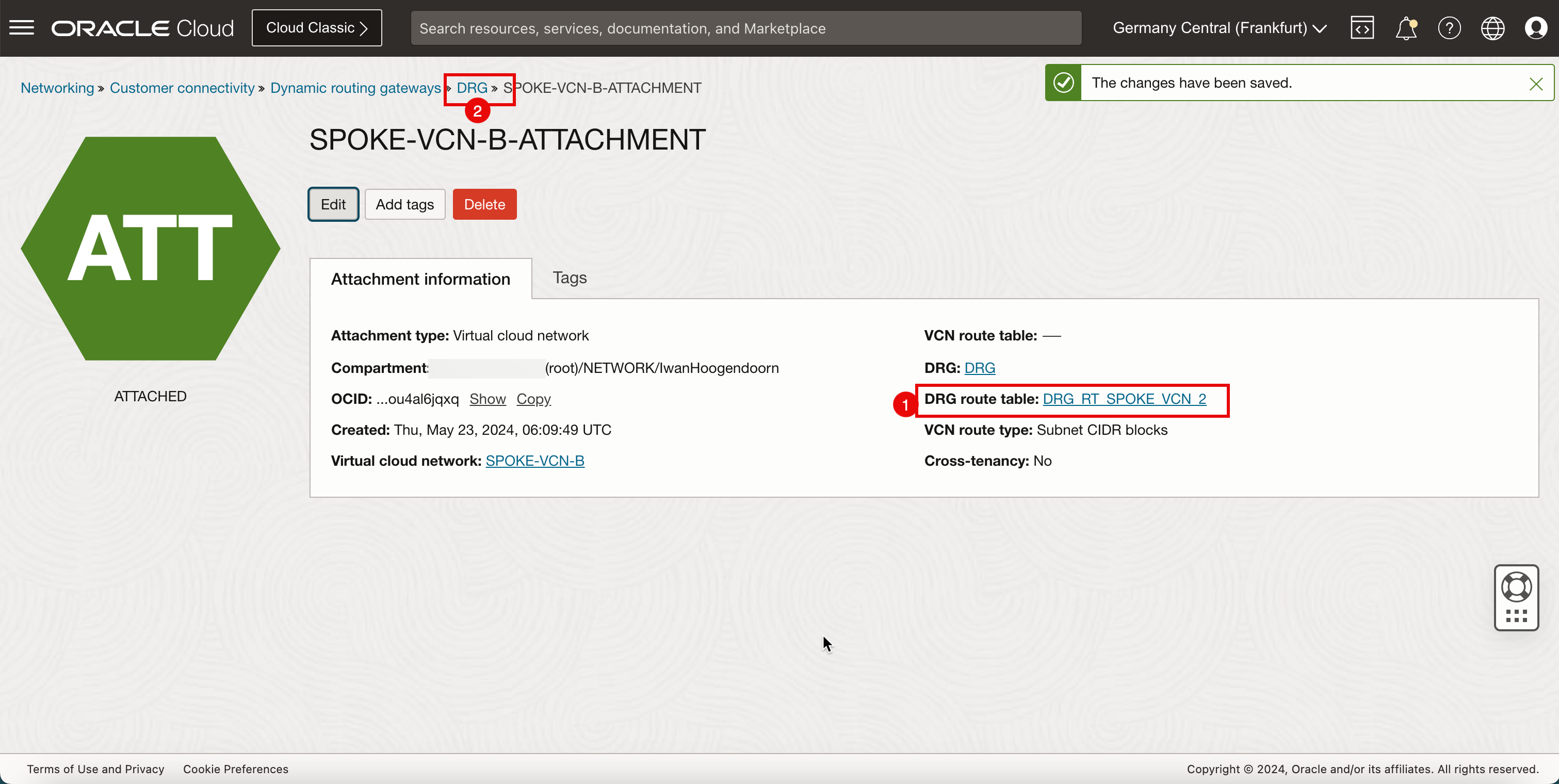

スポークBのVCNアタッチメントをクリックします。

- スポークBのVCNアタッチメントには、自動生成されたDRG表が関連付けられていることに注意してください。これを変更する必要があります。

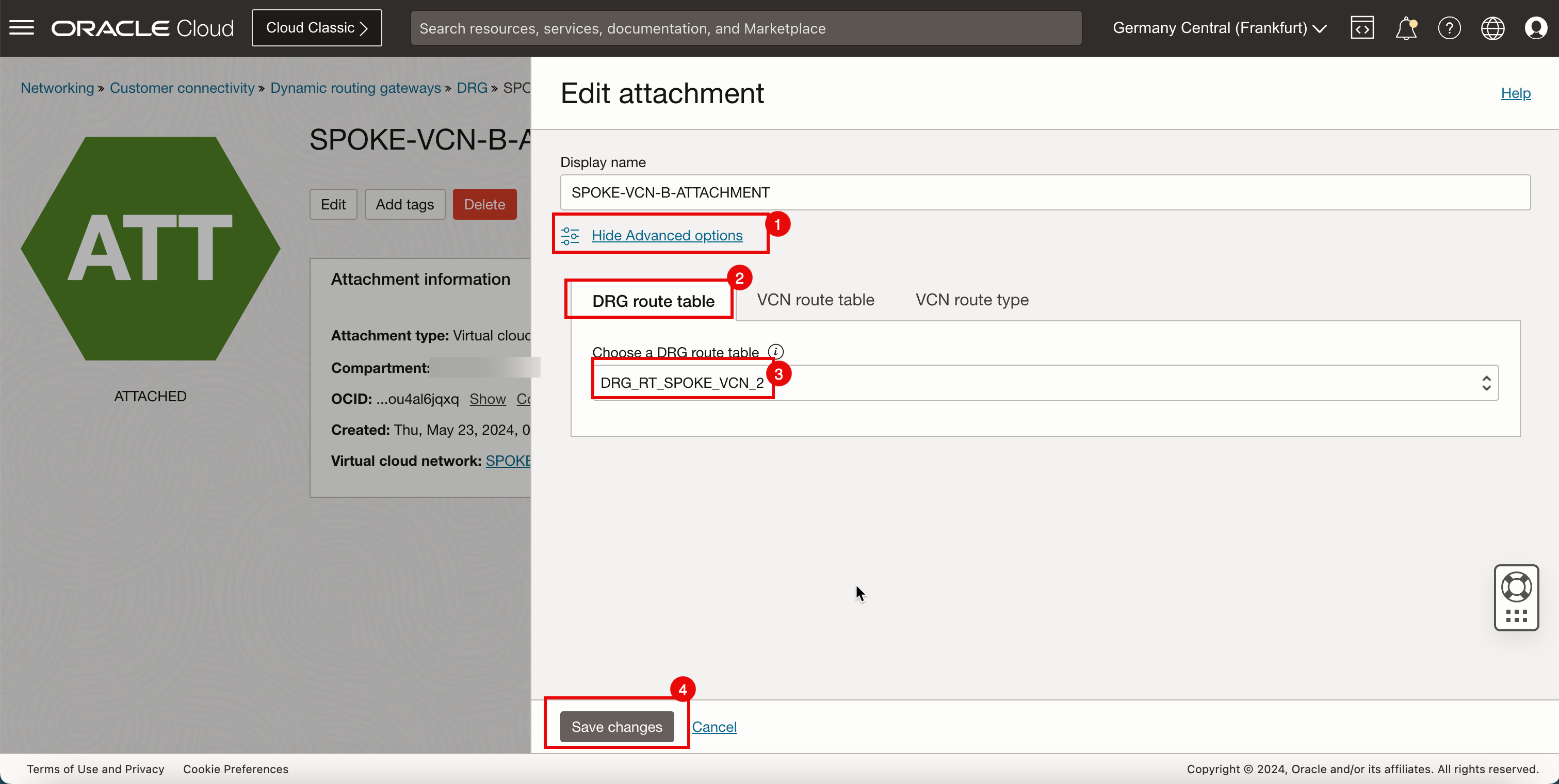

- 「編集」をクリックします。

- 「拡張オプションの表示」をクリックします。

- 「DRGルート表」タブを選択します。

- 前に作成したDRGルート表(

DRG_RT_SPOKE_VCN_2)を選択します。 - 「変更を保存」をクリックします。

- 新しいDRGルート表は、スポークB VCNアタッチメントでアクティブであることに注意してください。

- 「DRG」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

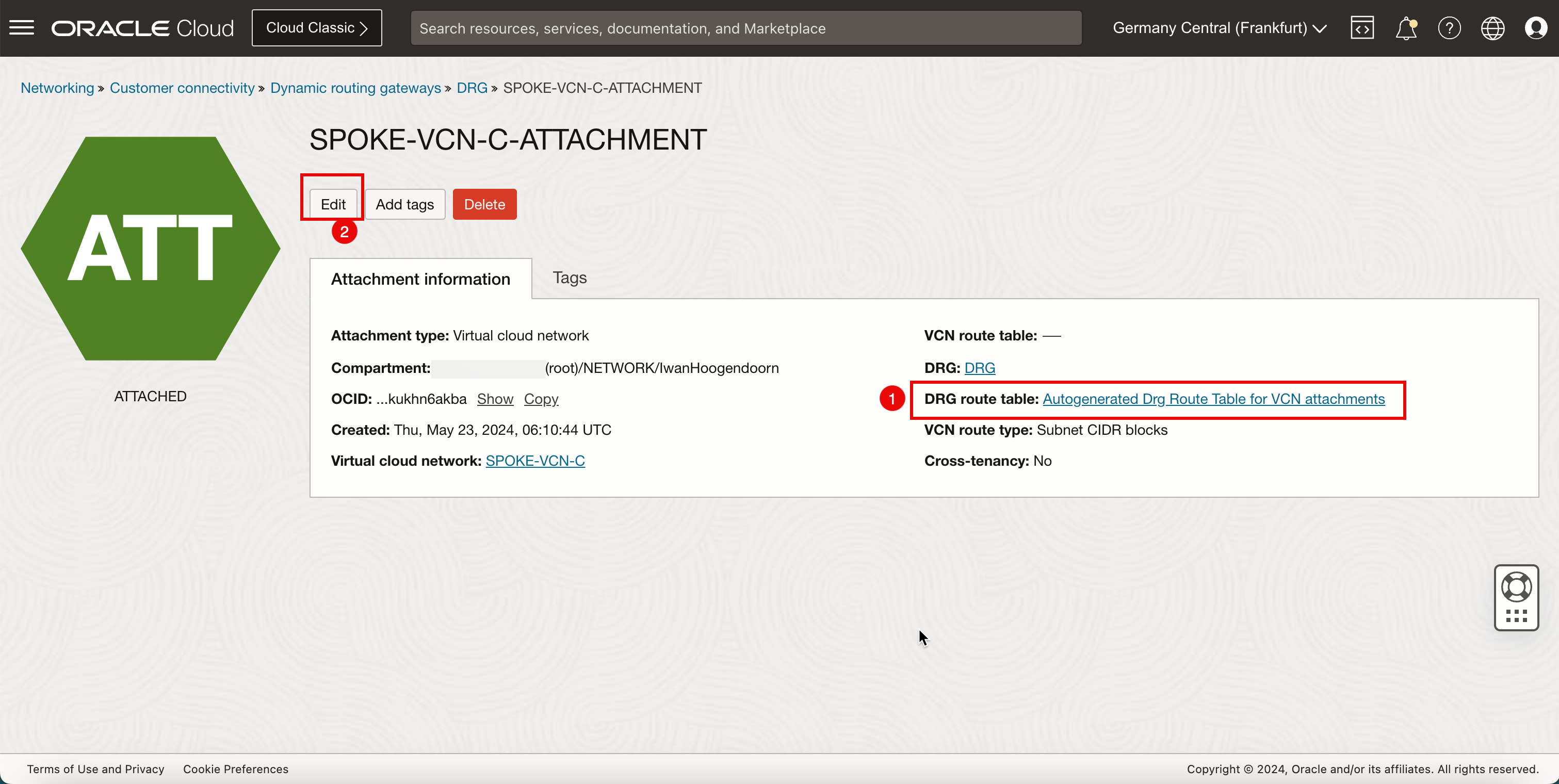

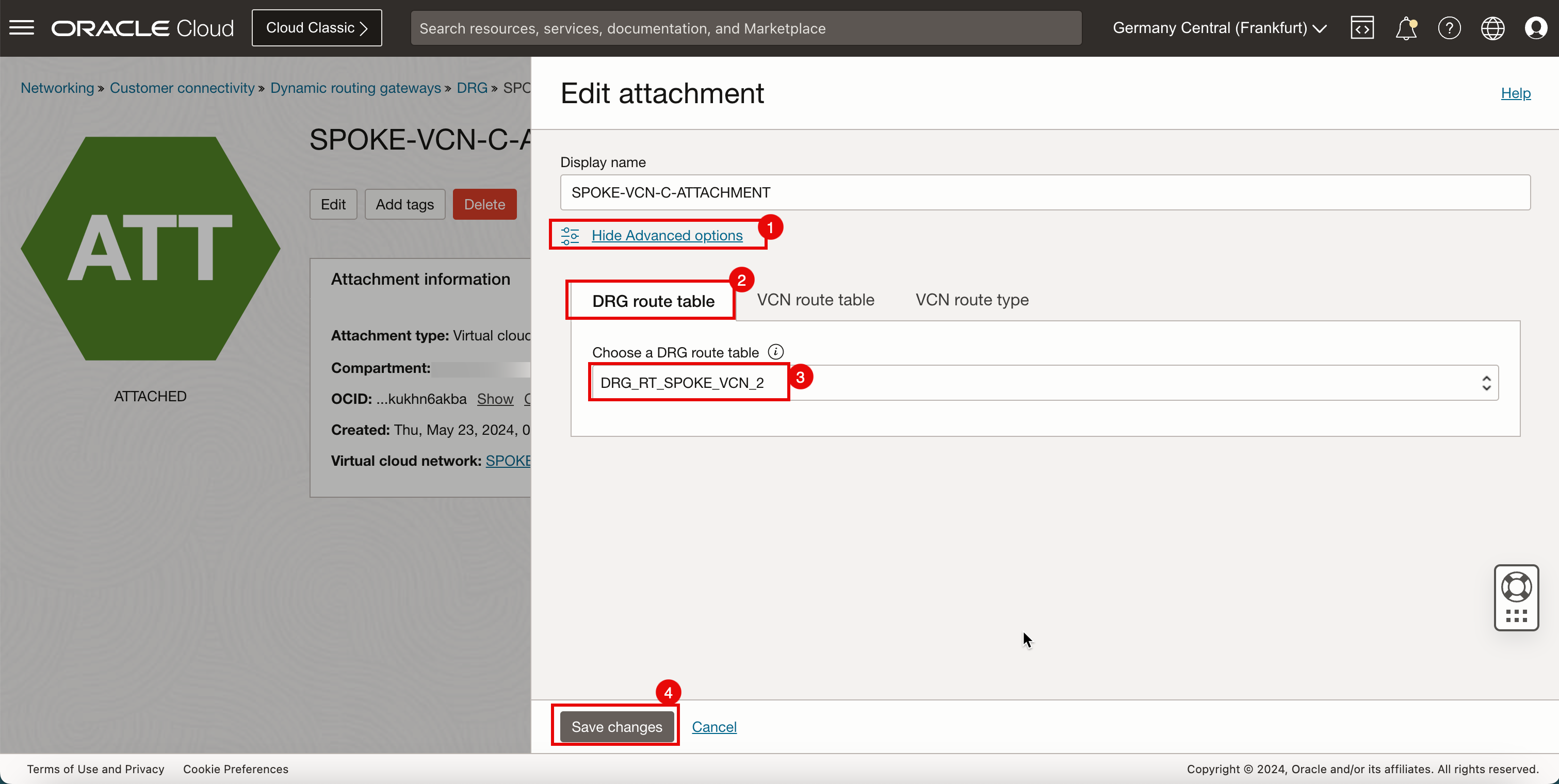

スポークCのVCNアタッチメントをクリックします。

- スポークCのVCNアタッチメントには、自動生成されたDRG表が関連付けられていることに注意してください。これを変更する必要があります。

- 「編集」をクリックします。

- 「拡張オプションの表示」をクリックします。

- 「DRGルート表」タブを選択します。

- 前に作成したDRGルート表(

DRG_RT_SPOKE_VCN_2)を選択します。 - 「変更を保存」をクリックします。

- 新しいDRGルート表は、スポークVCN Cアタッチメントでアクティブであることに注意してください。

- 「DRG」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

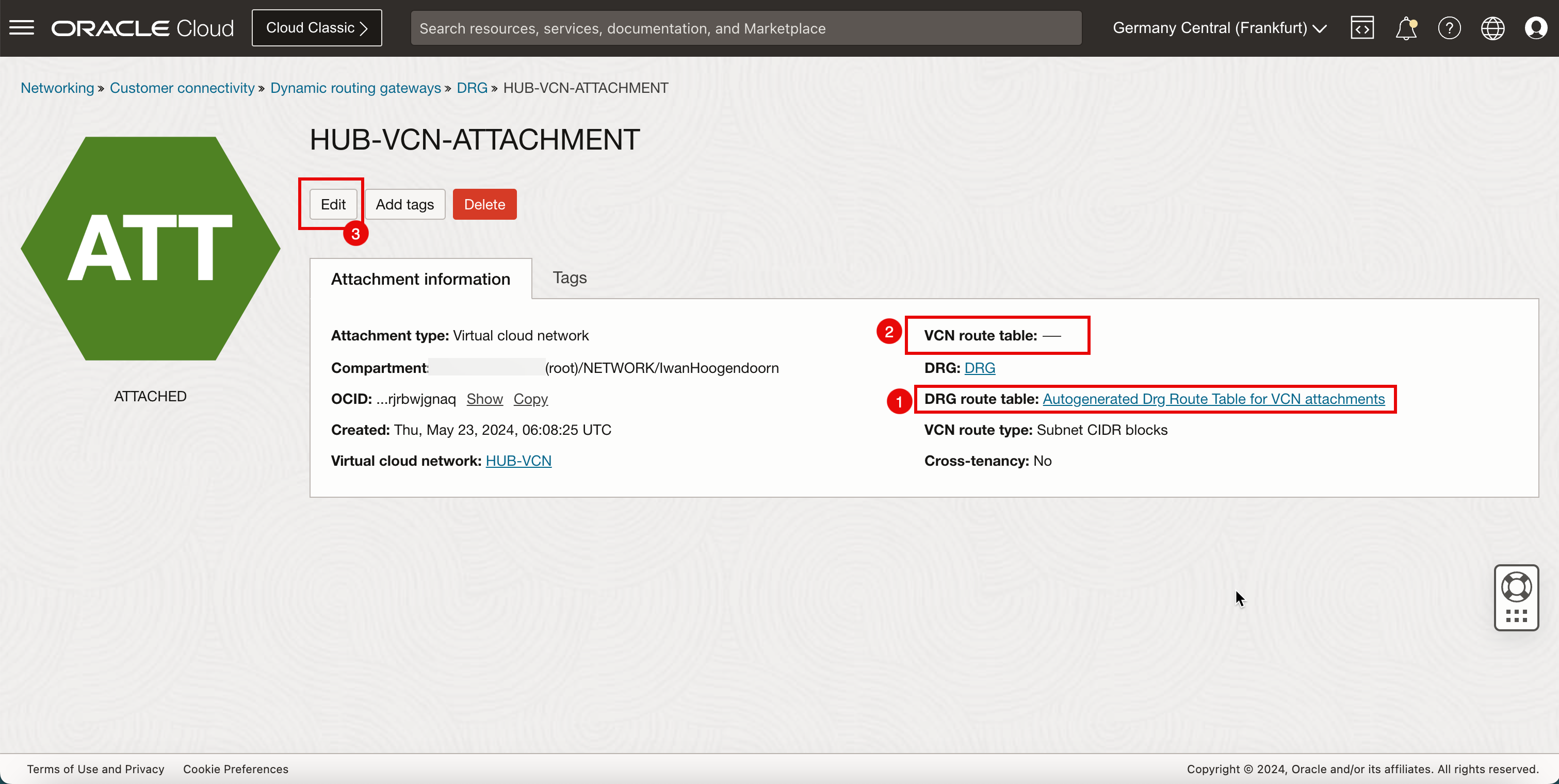

ハブVCNアタッチメントへのDRGルーティング表のアタッチ

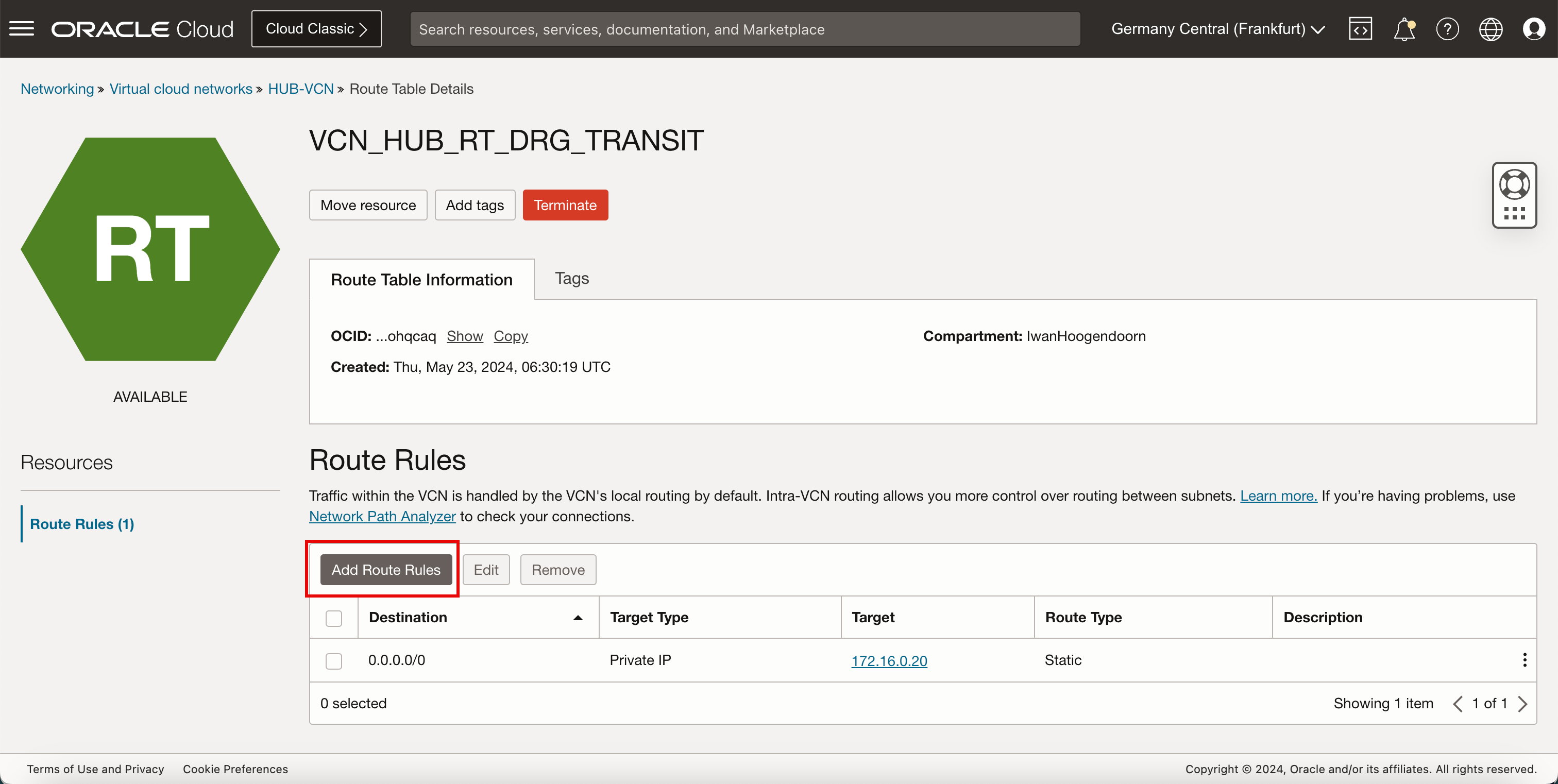

()DRG_RT_HUB_VCN_3) DRGルート表をハブVCNアタッチメントにアタッチします。また、(VCN_HUB_RT_DRG_TRANSIT) VCNルート表をハブVCNアタッチメントにアタッチします。

ルーティング情報: (DRG_RT_HUB_VCN_3)このDRGルート表およびルート表アタッチメントは、スポークからのすべてのネットワークがDRGで認識され、DRGで学習されるようにします。これにより、DRGはスポークで使用可能なネットワークを認識し、スポーク・ネットワークのルーティング先を把握できます。

ルーティング情報: (VCN_HUB_RT_DRG_TRANSIT)このVCNルート表およびルート表のアタッチメントにより、すべてのトラフィックがハブ内のファイアウォールにルーティングされます。

-

「DRG」ページに移動します。「ネットワーキング」、「Dynamic Routing Gateway」をクリックし、前に作成したDRGを選択します。

- 「VCNアタッチメント」をクリックします。

- ハブのVCNアタッチメントをクリックします。

- ハブのVCNアタッチメントには、自動生成されたDRG表が関連付けられていることに注意してください。これを変更する必要があります。

- ハブのVCNアタッチメントには、関連付けられたVCN表がないことに注意してください。これを追加する必要があります。

- 「編集」をクリックします。

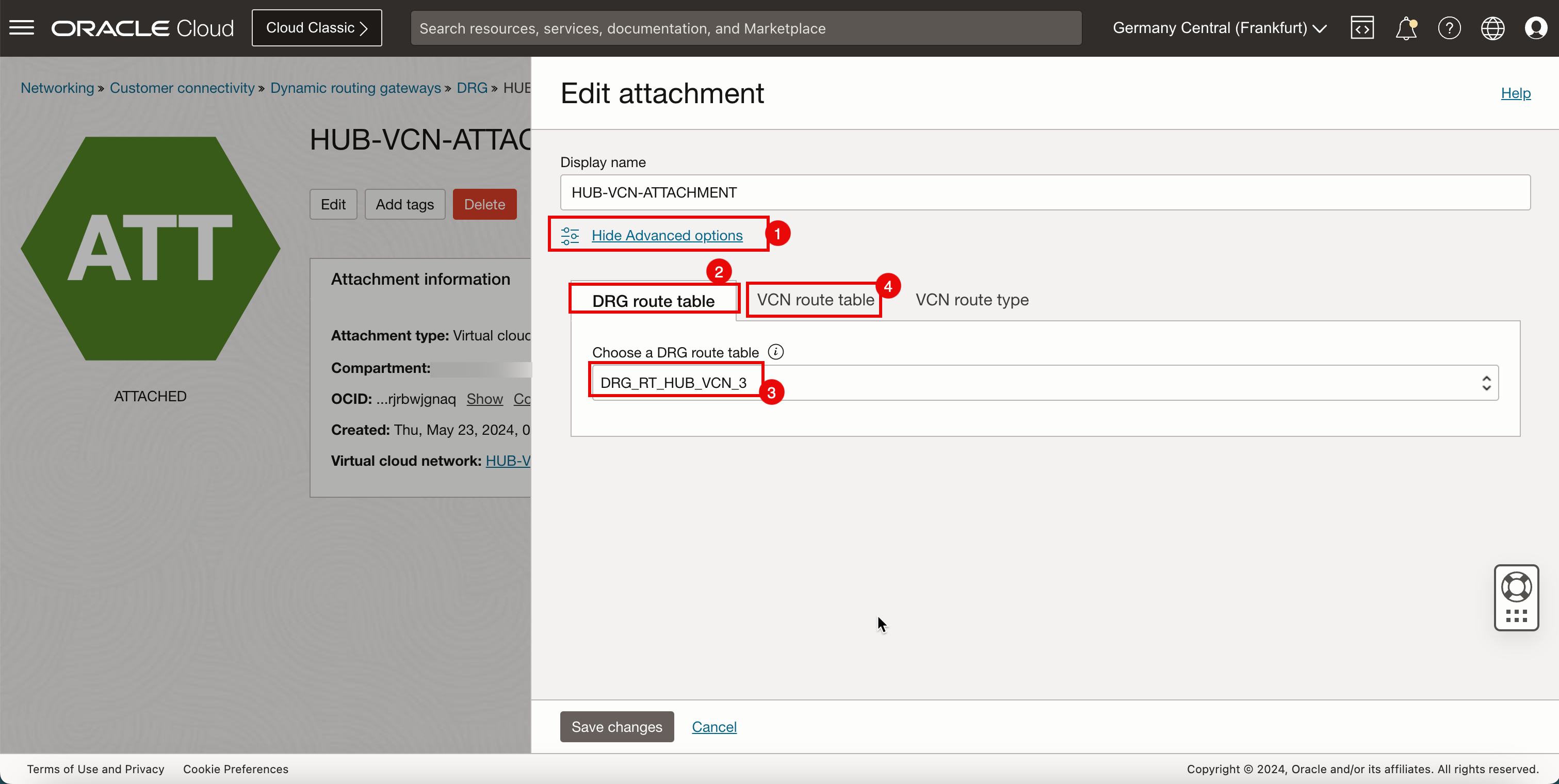

- 「拡張オプションの表示」をクリックします。

- 「DRGルート表」タブを選択します。

- 前に作成したDRGルート表(

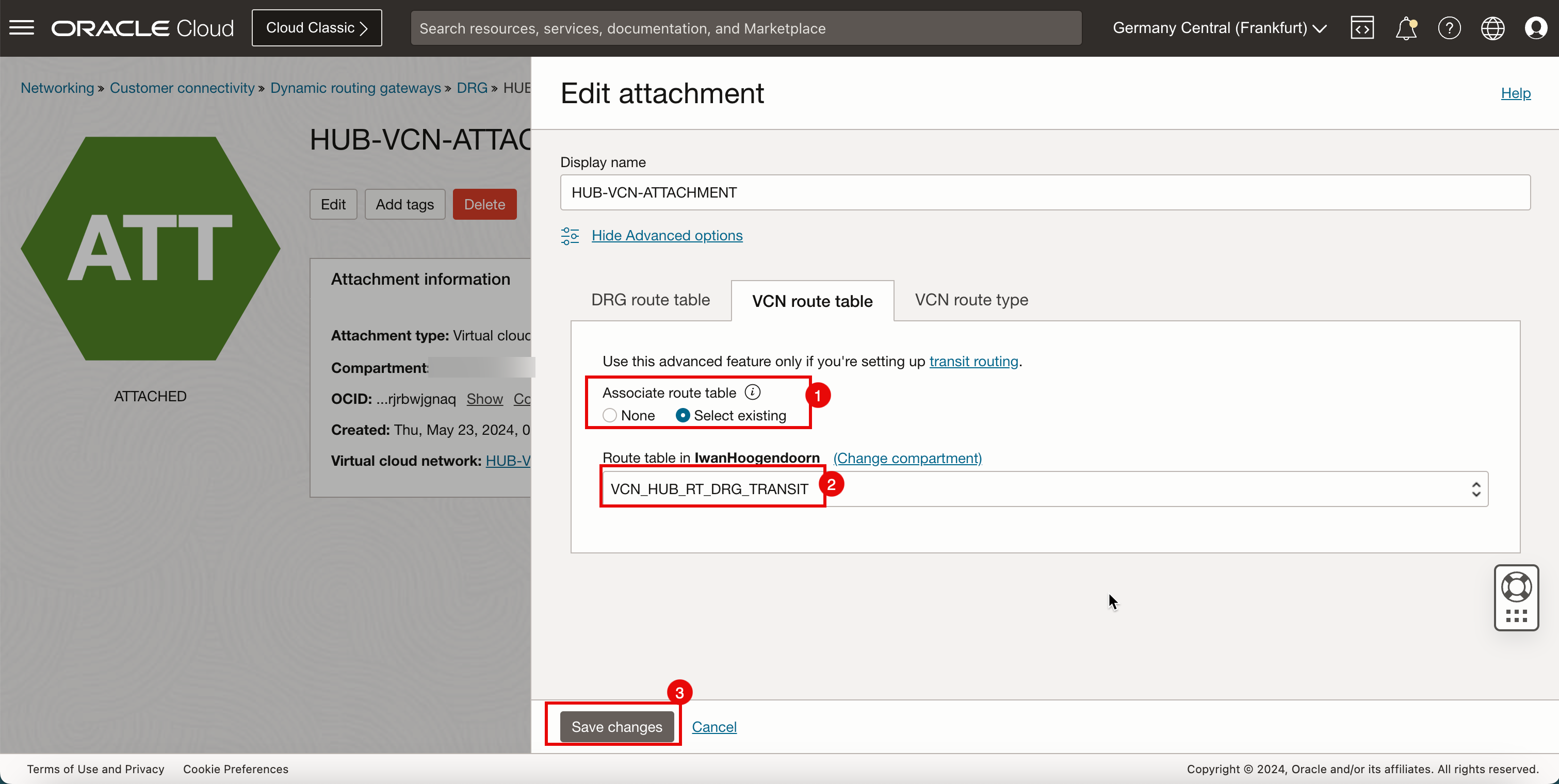

DRG_RT_HUB_VCN_3)を選択します。 - 「VCNルート表」タブをクリックします。

- 「既存の選択」を選択して、既存のVCNルート表を選択します。

- 前に作成したVCNルート表(

VCN_HUB_RT_DRG_TRANSIT)を選択します。 - 「変更を保存」をクリックします。

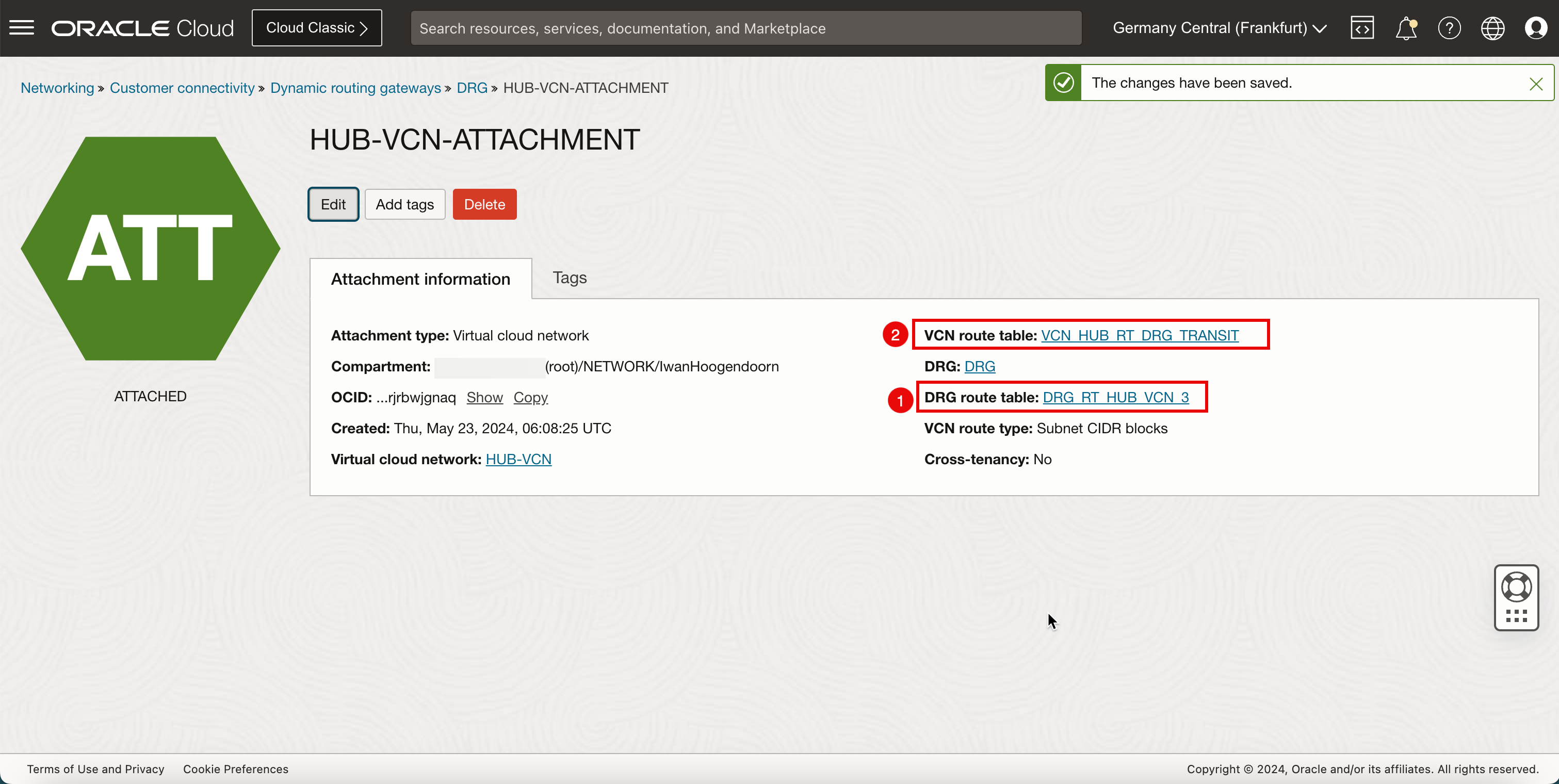

- 新しいDRGルート表は、ハブVCNアタッチメントでアクティブであることに注意してください。

- 新しいVCNルート表がハブVCNアタッチメントでアクティブであることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

VCNルート表をアタッチします:

今度は、前のタスクのVCNルート表の1つに対してこの作業をすでに開始していても、VCNルート表をアタッチします。

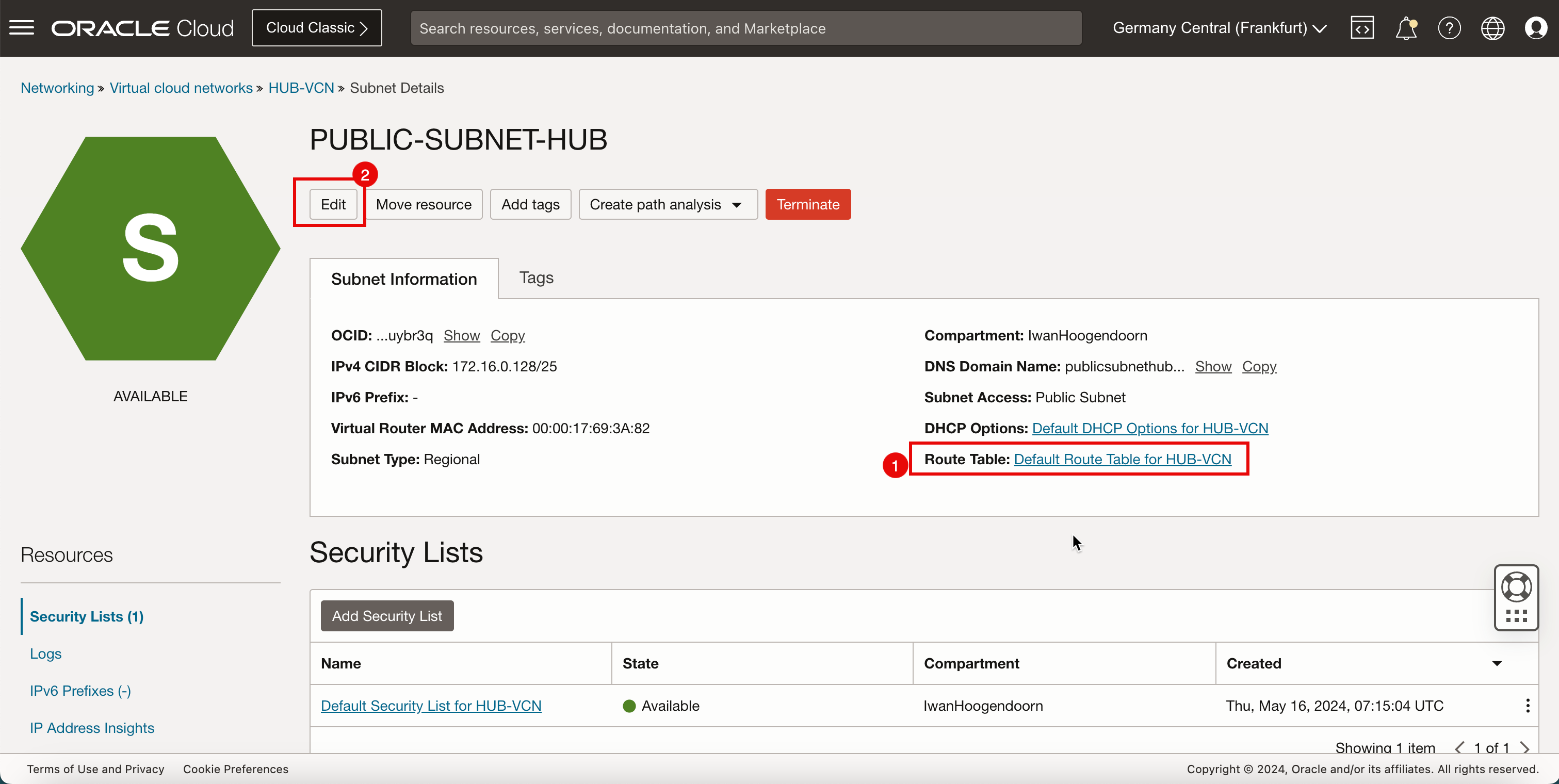

ハブVCNパブリック・サブネットへのVCNルーティング表のアタッチ

(VCN_RT_HUB_PUBLIC_SUBNET) VCNルート表をハブVCNのパブリック・サブネットにアタッチします。

ルーティング情報: (VCN_RT_HUB_PUBLIC_SUBNET)このVCNルート表は、スポークを宛先とするトラフィックをファイアウォールにルーティングします。インターネット・ゲートウェイへのインターネット(スポーク・ネットワーク以外のすべてのトラフィック)を宛先とするトラフィックも、このルート表によってルーティングされます。

-

OCIコンソールに移動します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「仮想クラウド・ネットワーク」をクリックします。

-

ハブVCNをクリックします。

- 「サブネット」をクリックします。

- 「パブリック・ハブ・サブネット」をクリックします。

- パブリック・ハブ・サブネットには、デフォルトのVCN表が関連付けられていることに注意してください。これを変更する必要があります。

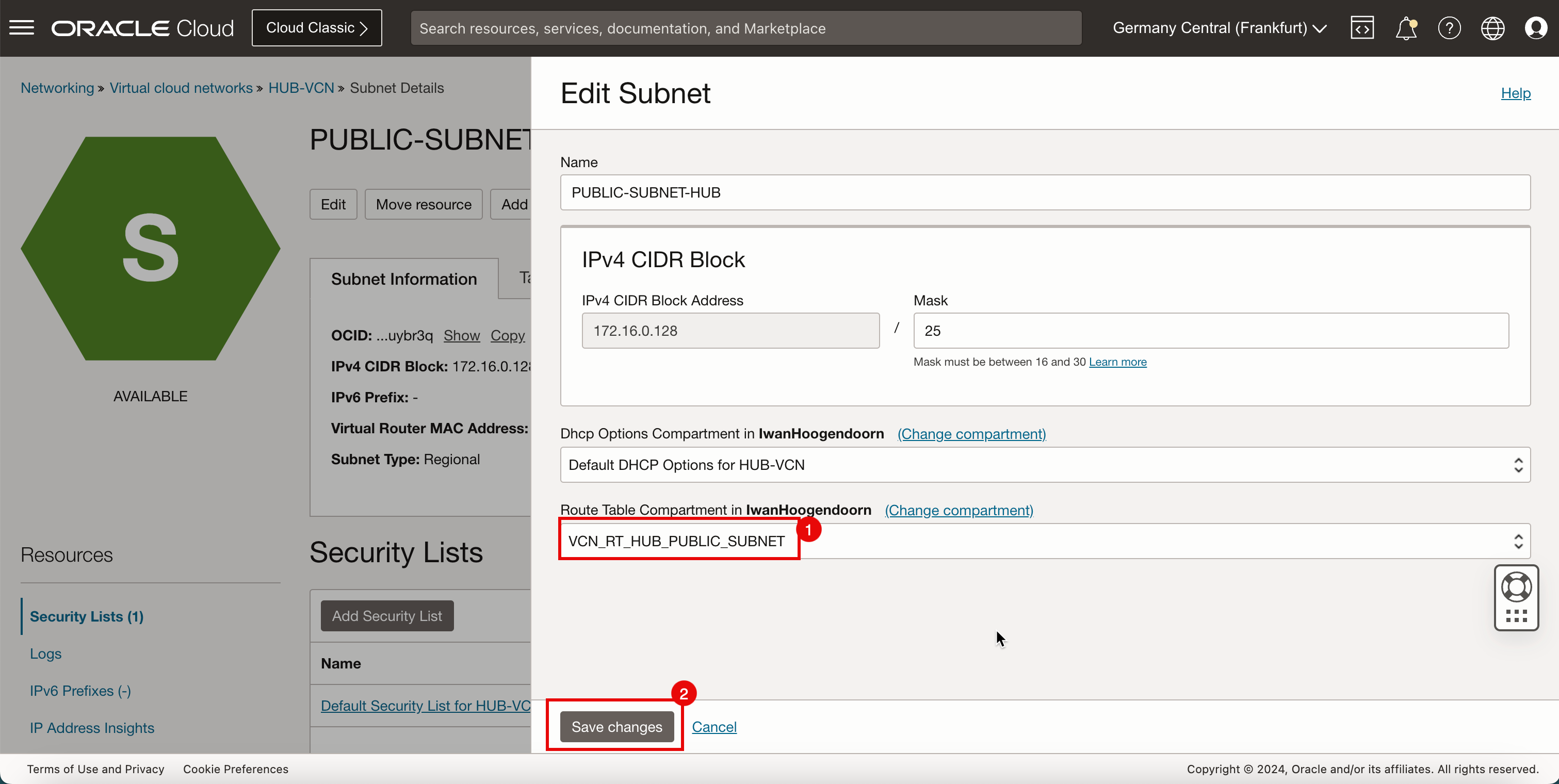

- 「編集」をクリックします。

- 前に作成したVCNルート表(

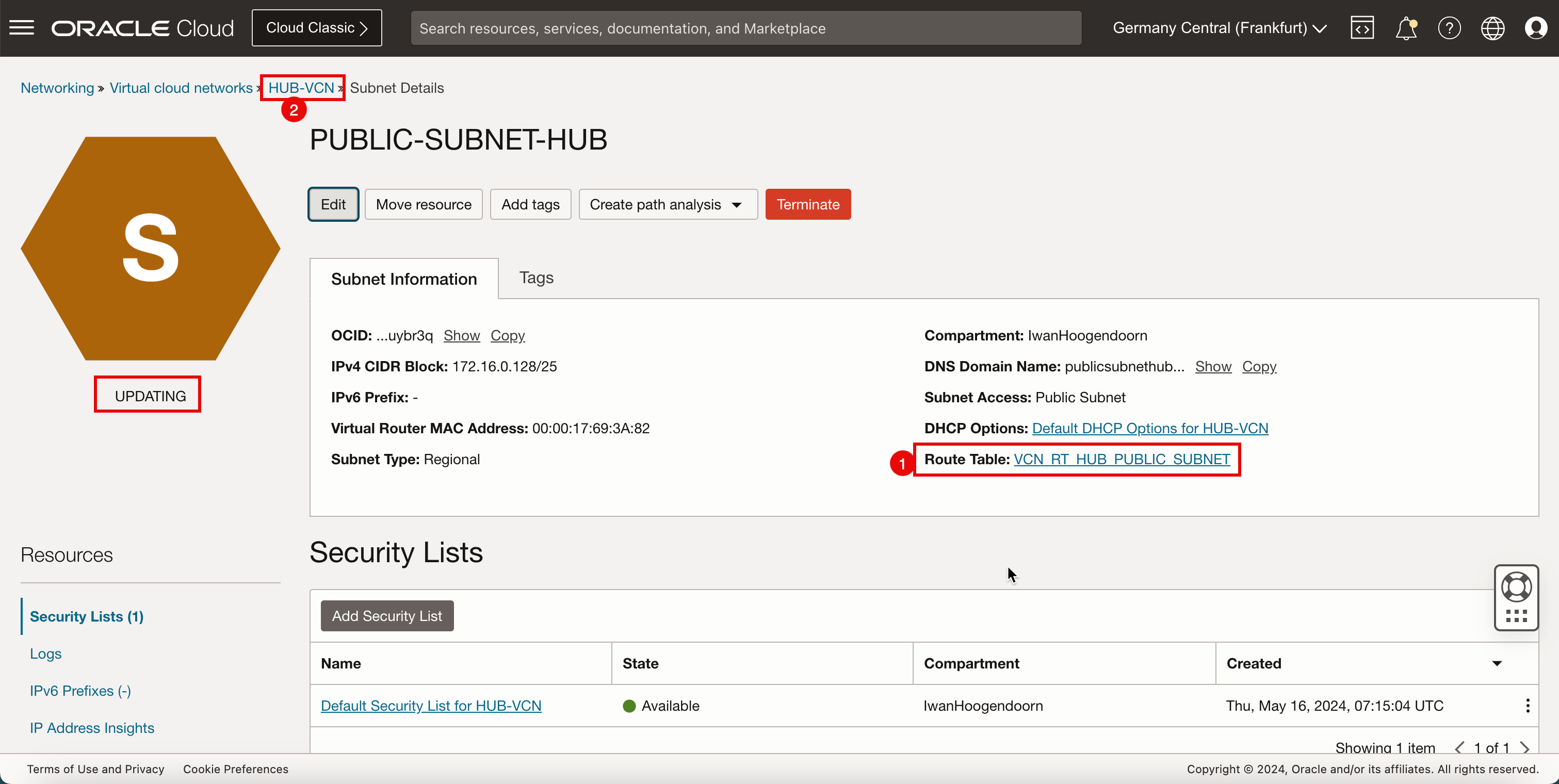

VCN_RT_HUB_PUBLIC_SUBNET)を選択します。 - 「変更を保存」をクリックします。

- 新しいVCNルート表がハブ・パブリック・サブネットでアクティブであることを確認します。

- 「ハブVCN」をクリックして、ハブVCNの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

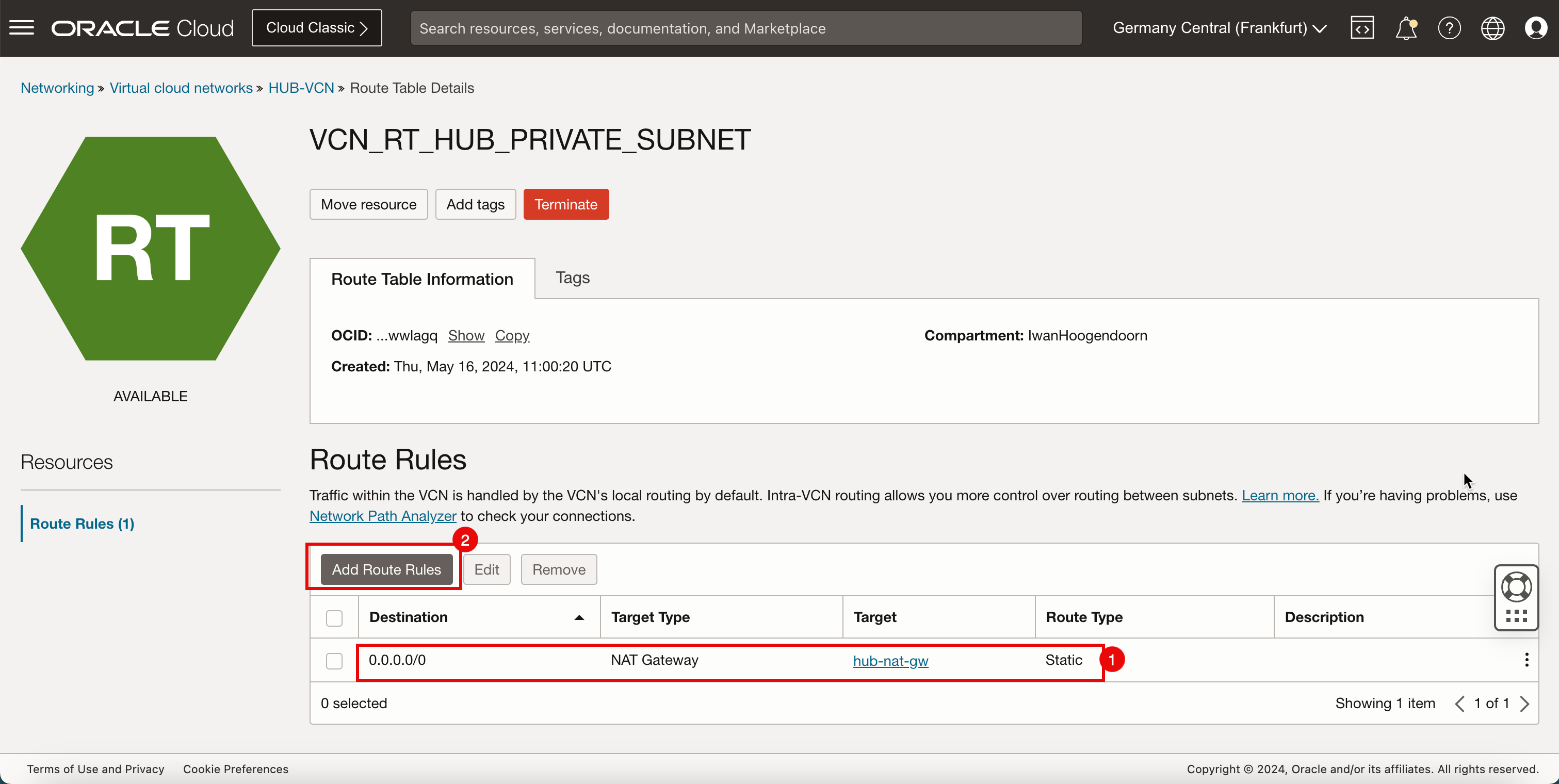

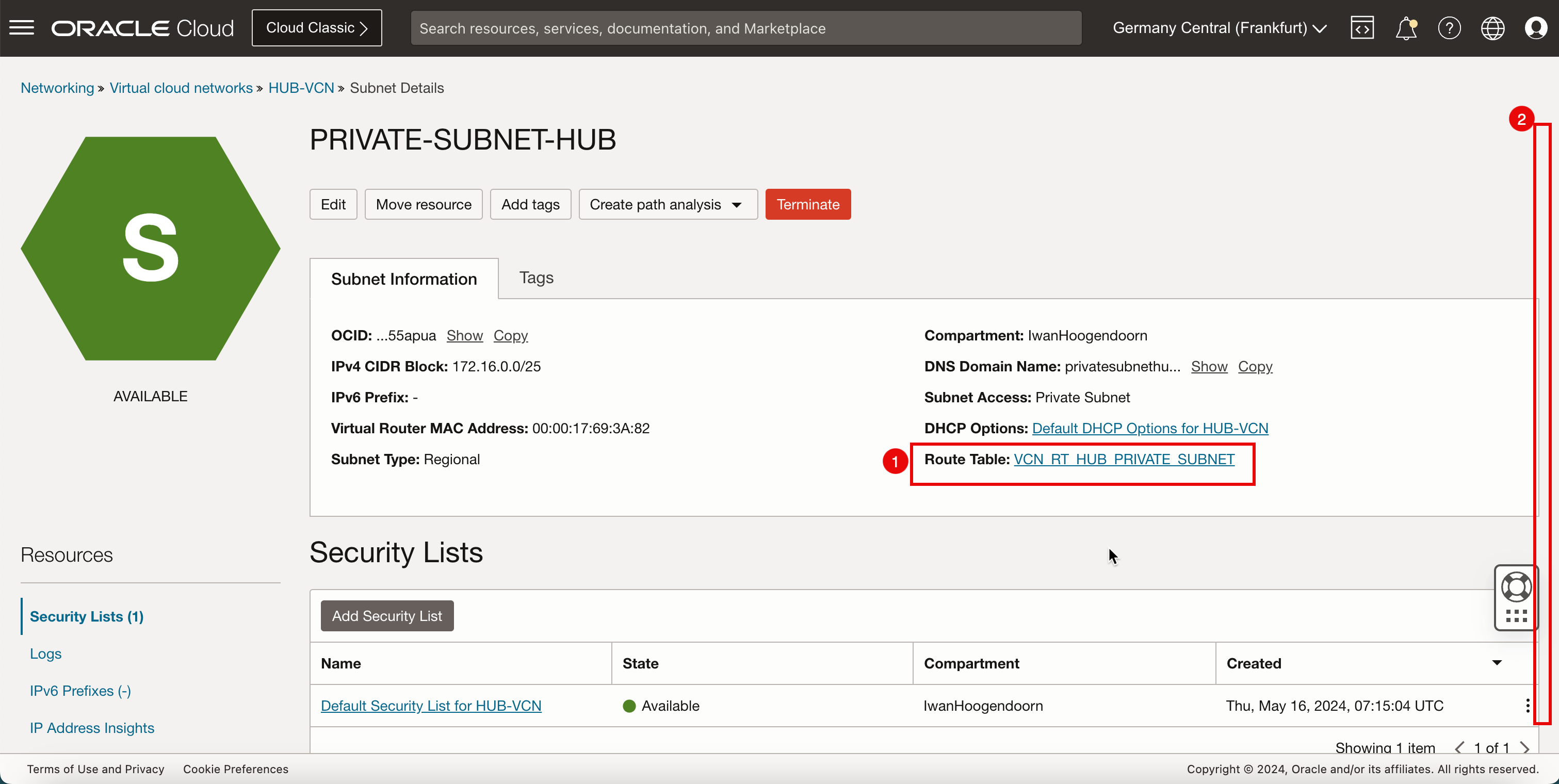

ハブVCNプライベート・サブネットへのVCNルーティング表のアタッチ

次に、(VCN_RT_HUB_PRIVATE_SUBNET) VCNルート表をハブVCNのプライベート・サブネットにアタッチします。

ルーティング情報: (VCN_RT_HUB_PRIVATE_SUBNET)このVCNルート表は、スポークを宛先とするトラフィックをファイアウォールにルーティングします。NATゲートウェイへのインターネット(スポーク・ネットワーク以外のすべてのトラフィック)を宛先とするトラフィックも、このルート表によってルーティングされます。

-

ハブVCNに移動します。

- 「プライベート・ハブ・サブネット」をクリックします。

- プライベート・ハブ・サブネットには、VCNルート表がすでに関連付けられていることに注意してください。それでもデフォルトのVCN表が関連付けられている場合は、これを変更します。変更するには、「編集」をクリックし、これを

VCN_RT_HUB_PRIVATE_SUBNETに変更します。 - 下へスクロール

-

次の図は、これまでに作成したものを視覚的に示したものです。

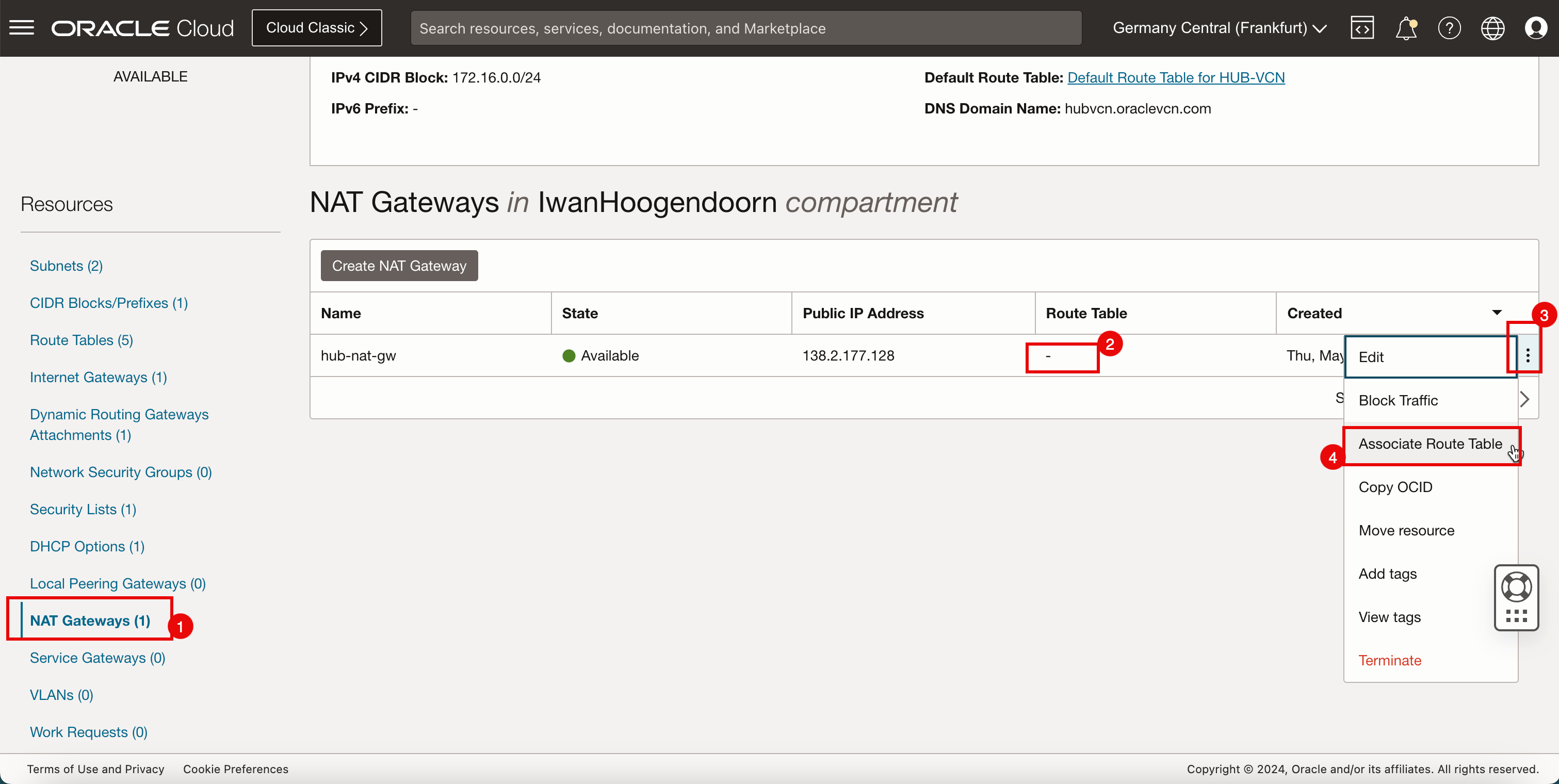

ハブVCN NAT GatewayへのVCNルーティング表のアタッチ

(VCN_HUB_RT_NAT_TRANSIT) VCNルート表をハブVCNのNATゲートウェイにアタッチします。

ルーティング情報: (VCN_HUB_RT_NAT_TRANSIT)このVCNルート表は、スポークを宛先とするトラフィックをファイアウォールにルーティングします。

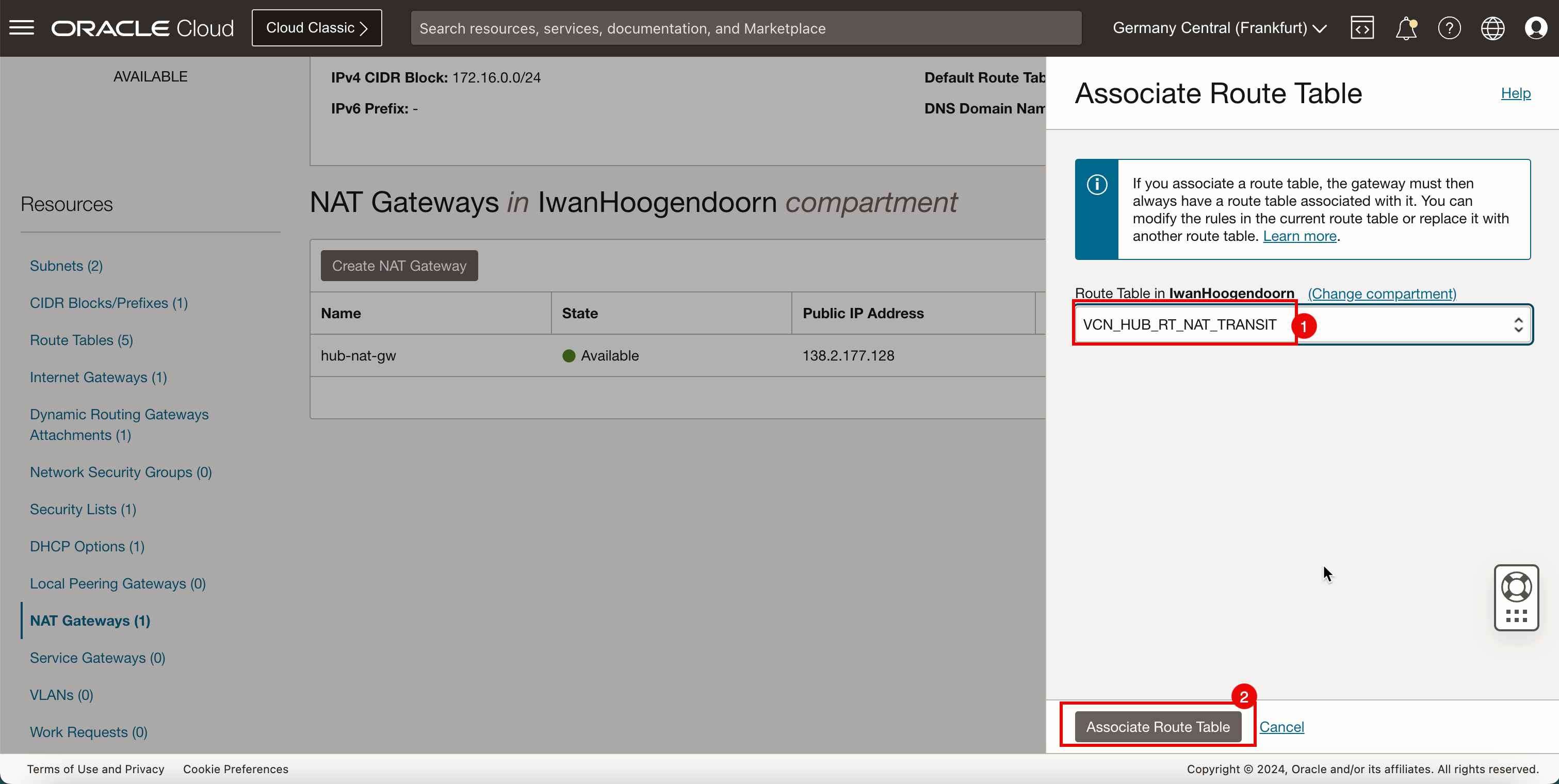

-

OCIコンソールに移動します。

- 「NATゲートウェイ」をクリックします。

- NATゲートウェイには、ルート表が関連付けられていないことに注意してください。

- 3つのドットをクリックします。

- 「ルート表の関連付け」をクリックします。

- 前に作成したVCNルート表(

VCN_HUB_RT_NAT_TRANSIT)を選択します。 - 「ルート表の関連付け」をクリックします。

-

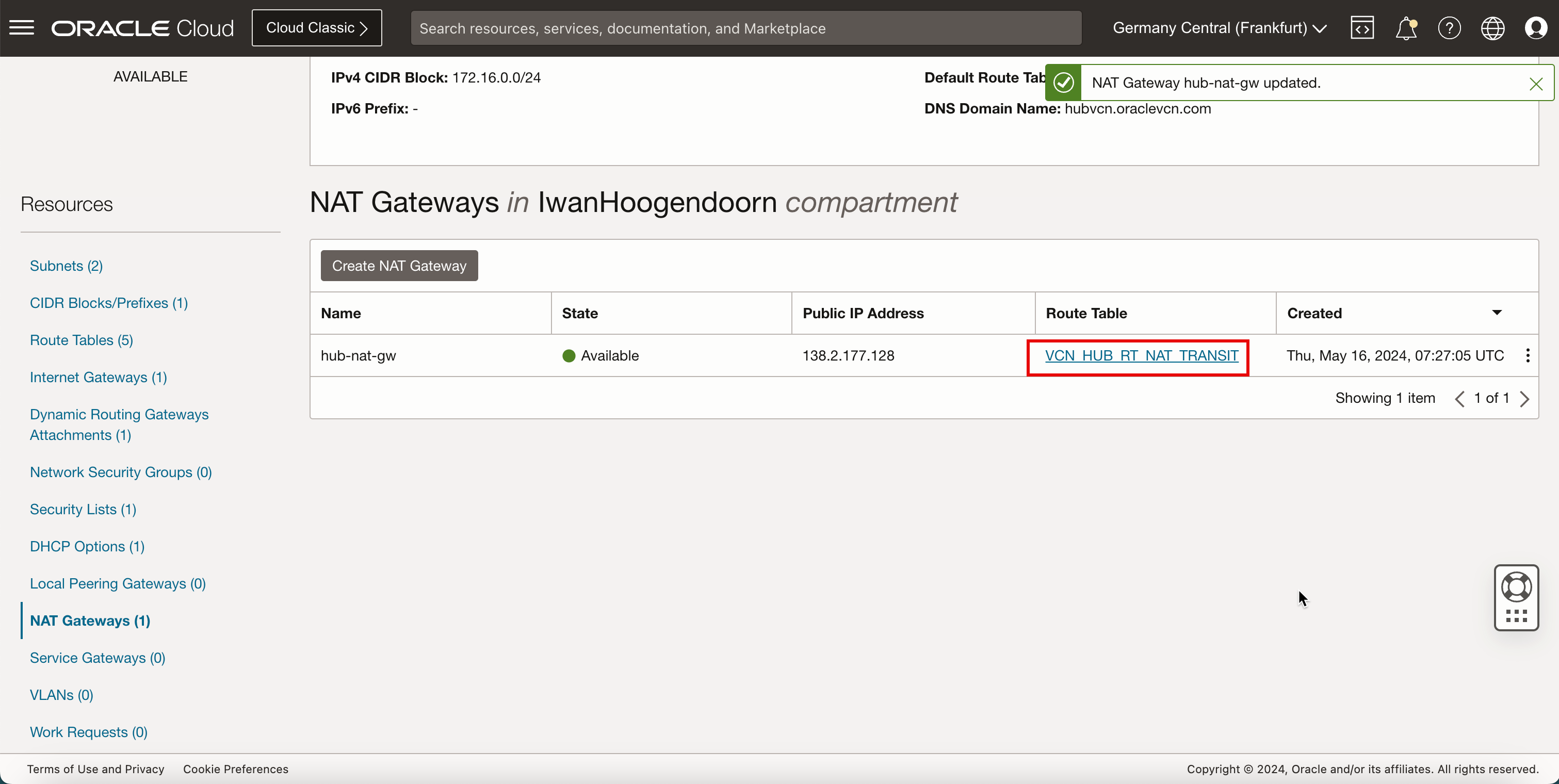

新しいVCNルート表がハブNATゲートウェイでアクティブであることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

スポークVCNプライベート・サブネットへのVCNルーティング表のアタッチ

前のタスクの1つで、デフォルトのスポークVCNルーティング表がすでに構成されています。スポーク(A、BおよびC)プライベート・サブネットは、デフォルトのVCNルート表を自動的に使用するため、これを変更する必要はありません。早速チェックできます。

OCIコンソールに移動し、「ネットワーキング」および「仮想クラウドNetworks」に移動します。

-

「スポークVCN A」をクリックします。

-

「プライベート・サブネットのスポーク」をクリックします。

- スポークVCN Aのデフォルト・ルート表が使用されていることに注意してください。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

「スポークVCN B」をクリックします。

-

「スポークBプライベート・サブネット」をクリックします。

- スポークVCN Bのデフォルト・ルート表が使用されていることに注意してください。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

「スポークVCN C」をクリックします。

-

「スポークCプライベート・サブネット」をクリックします。

-

スポークVCN Cのデフォルト・ルート表が使用されていることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

タスク8: 接続の確認

ルーティングは、環境全体に対して構成されます。これで、ルーティングが機能しているかどうかをテストできます。

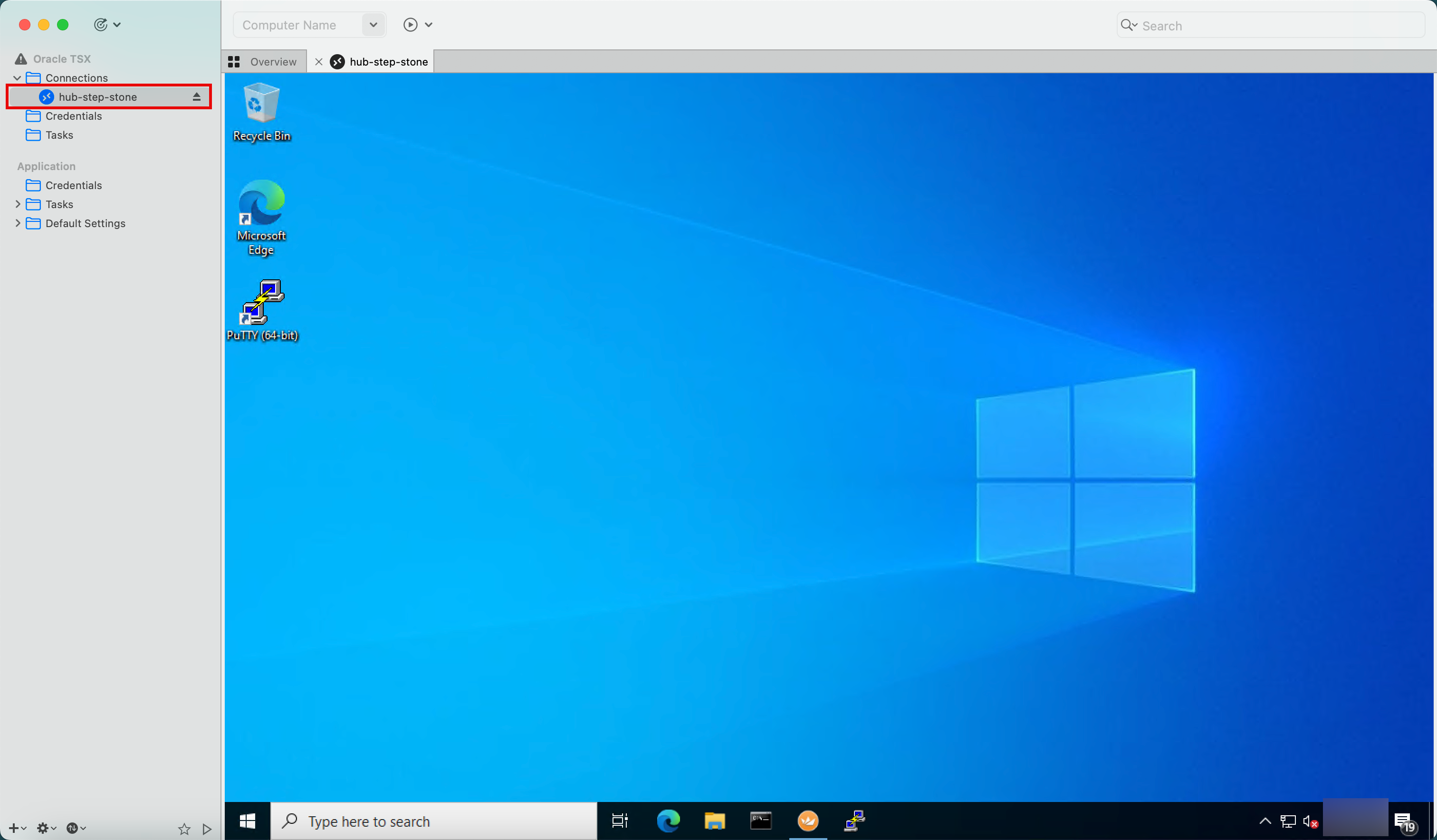

タスク8.1: RDPを使用したスポーク・ステップ・ストーン・インスタンスへの接続

インターネットを介してRDPを使用してWindowsステップストーンに接続します。トラフィックはインターネット・ゲートウェイを介してルーティングされます。

正常に接続されると、デスクトップが表示されます。このデスクトップから、いくつかのpingテストを実行し、pfSenseハブ・ファイアウォールで管理を実行します。

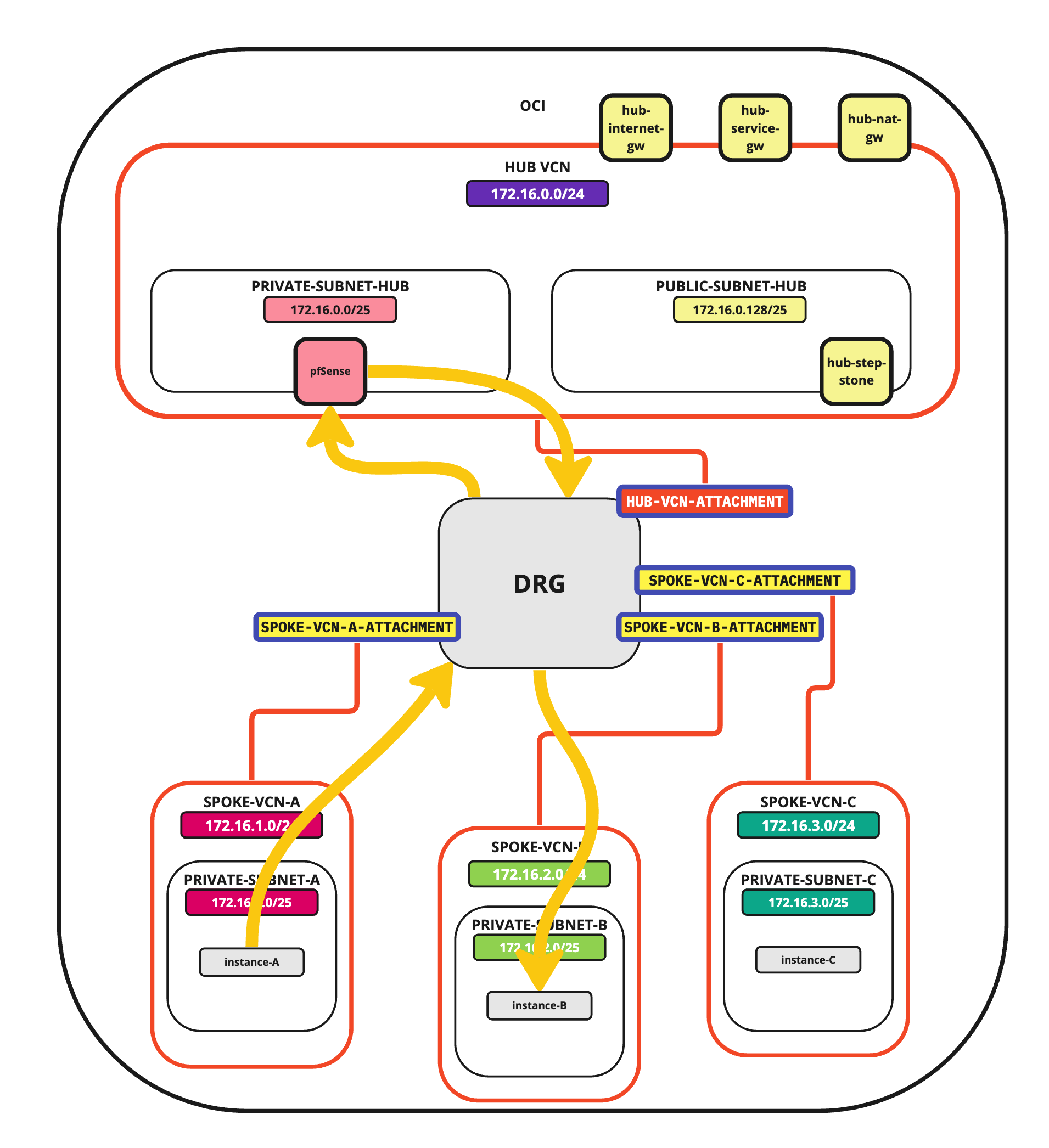

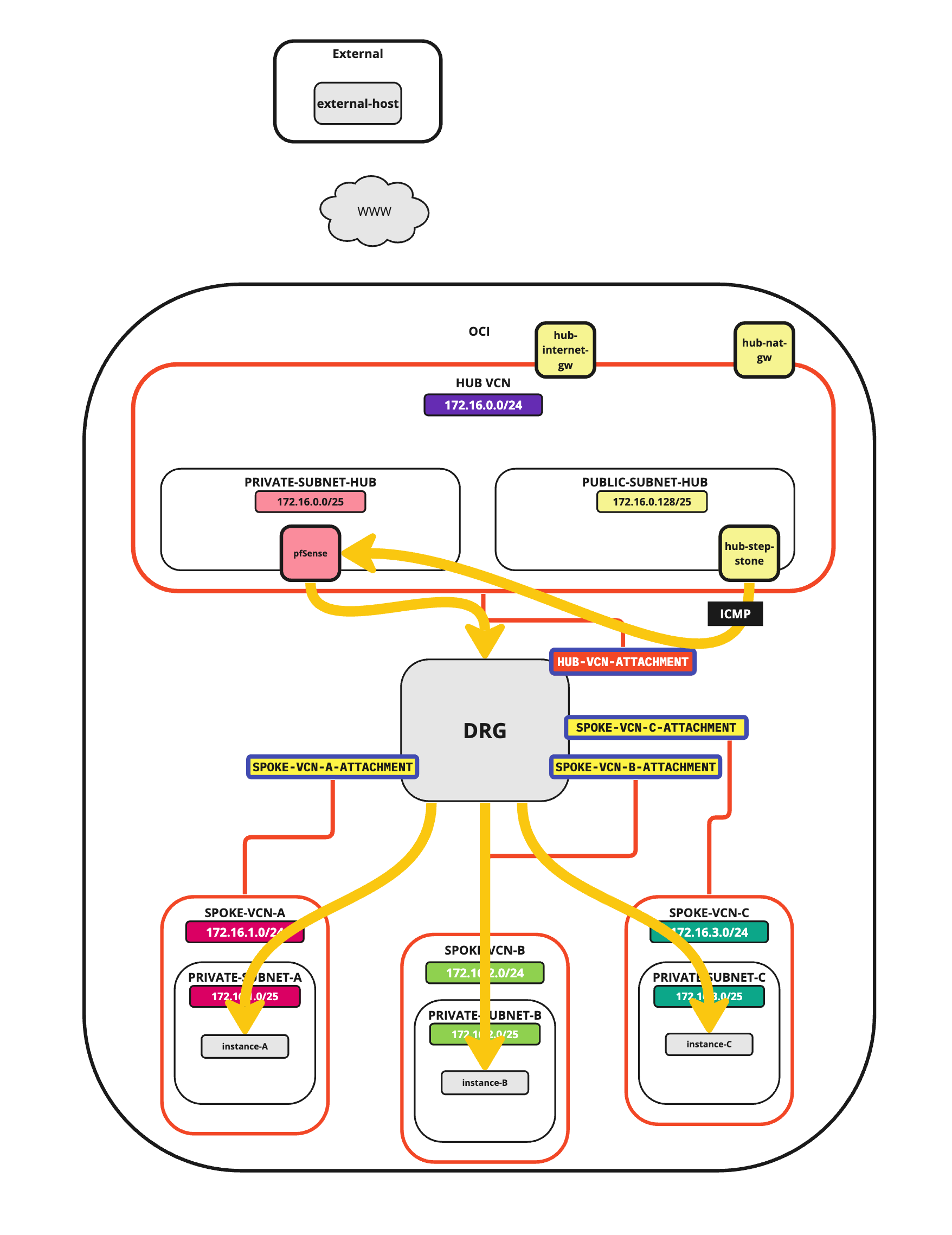

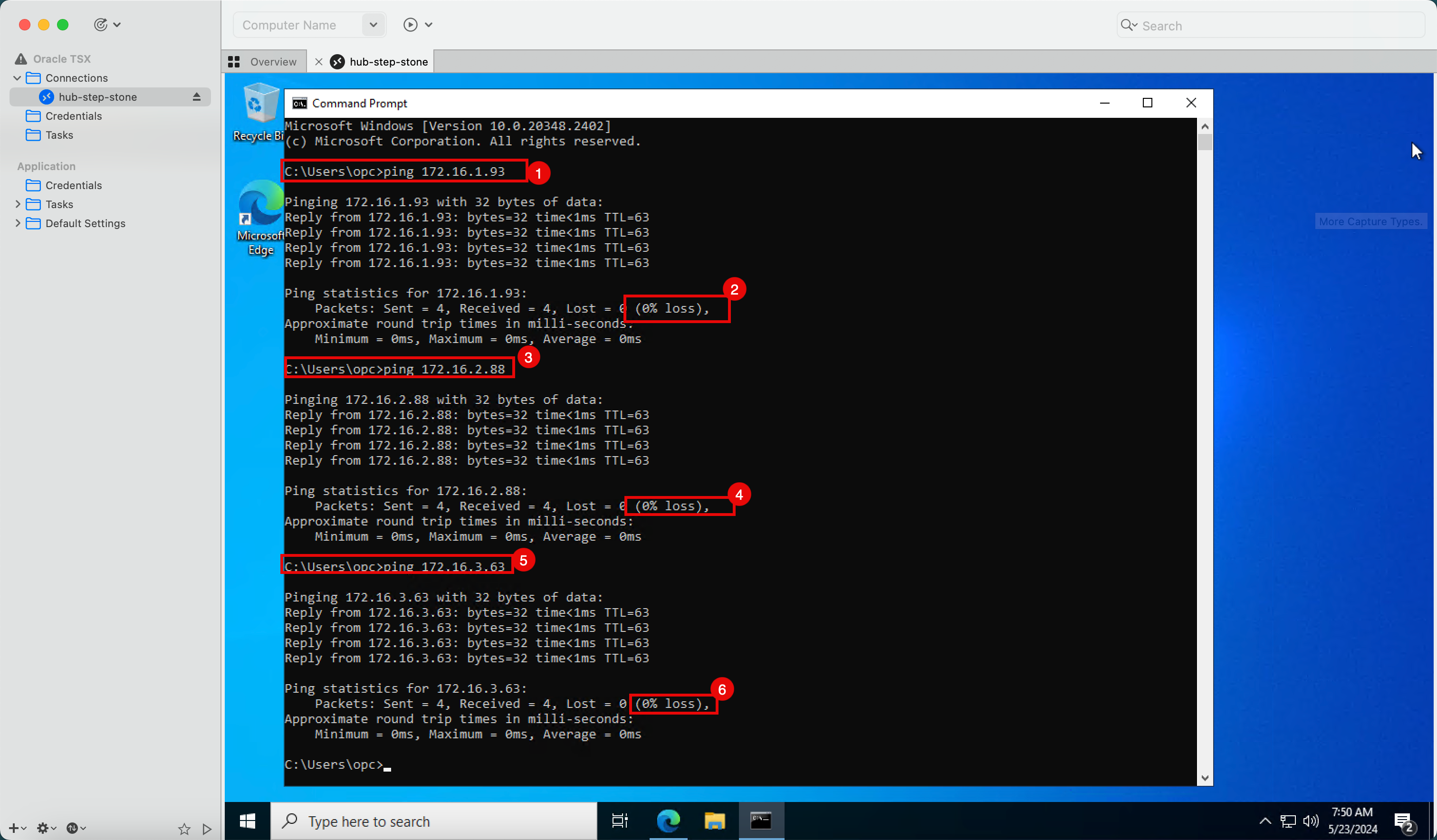

タスク8.2: ハブVCNからスポークVCNへのPing

最初に行うpingテストは、ハブ・ステップ・ストーンからスポークVCNインスタンスまでです。

-

ルーティング構成のため:

- トラフィックはpfSenseファイアウォールに送信されます。

- pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはDRGにルーティングされます。

- その後、DRGはトラフィックを正しいスポークVCNにルーティングします。

- ハブ・ステップ・ストーンからスポークVCNインスタンスA IPアドレスに対してpingを実行します。

- パケット損失が0%であるため、pingは成功します。

- hub-step-stoneからスポークVCNインスタンスBのIPアドレスにpingを実行します。

- パケット損失が0%であるため、pingは成功します。

- ハブ・ステップ・ストーンからスポークVCNインスタンスC IPアドレスへのpingを実行します。

- パケット損失が0%であるため、pingは成功します。

-

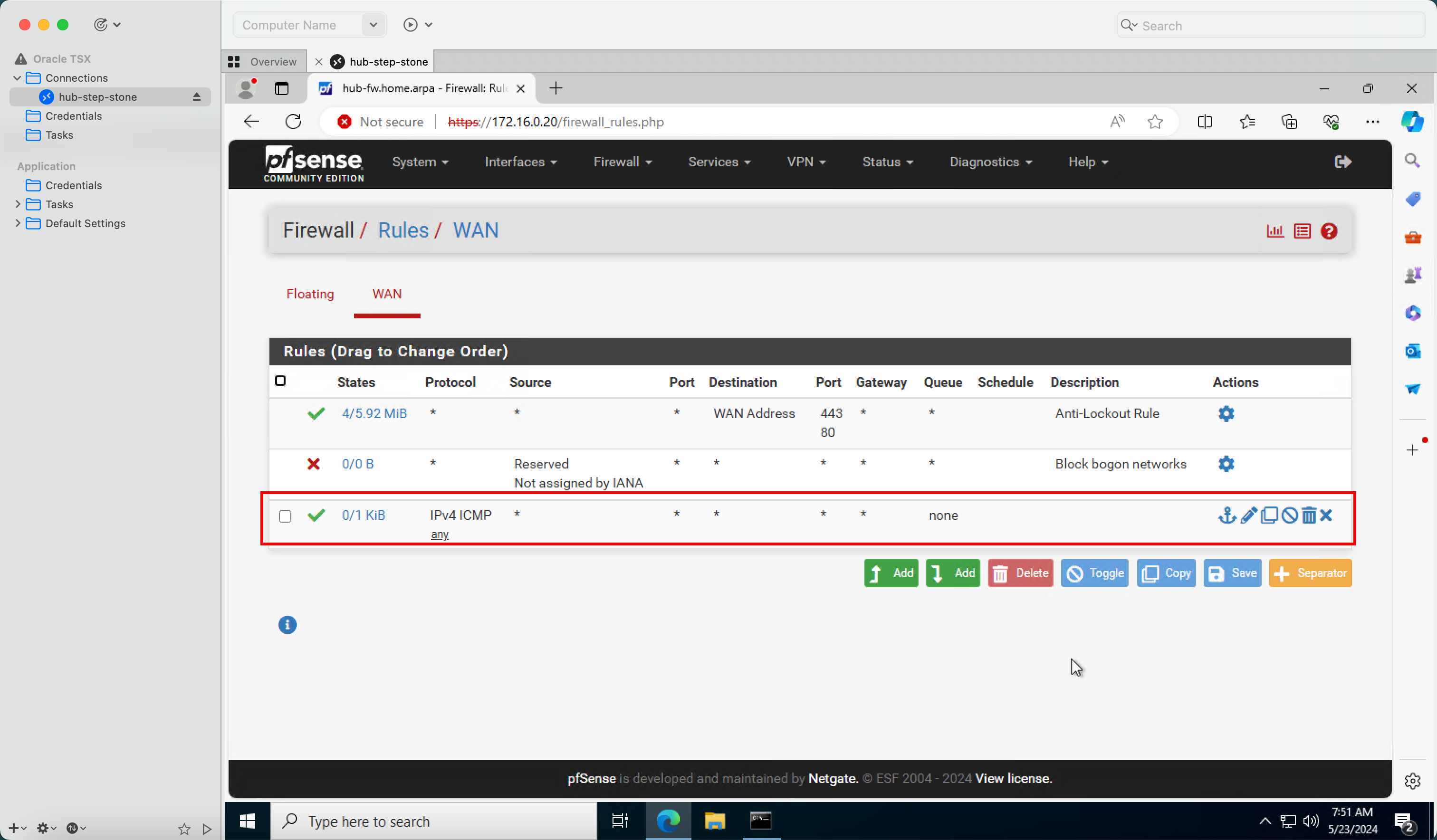

これらのpingはすべて成功します。これは、すべてのICMPトラフィックを許可するファイアウォール・ルールがpfSenseハブ・ファイアウォールに配置されているためです。このチュートリアルでpfSenseファイアウォール(Oracle Cloud InfrastructureにpfSenseファイアウォールをインストール)を作成したら、このファイアウォール・ルールを追加しました。

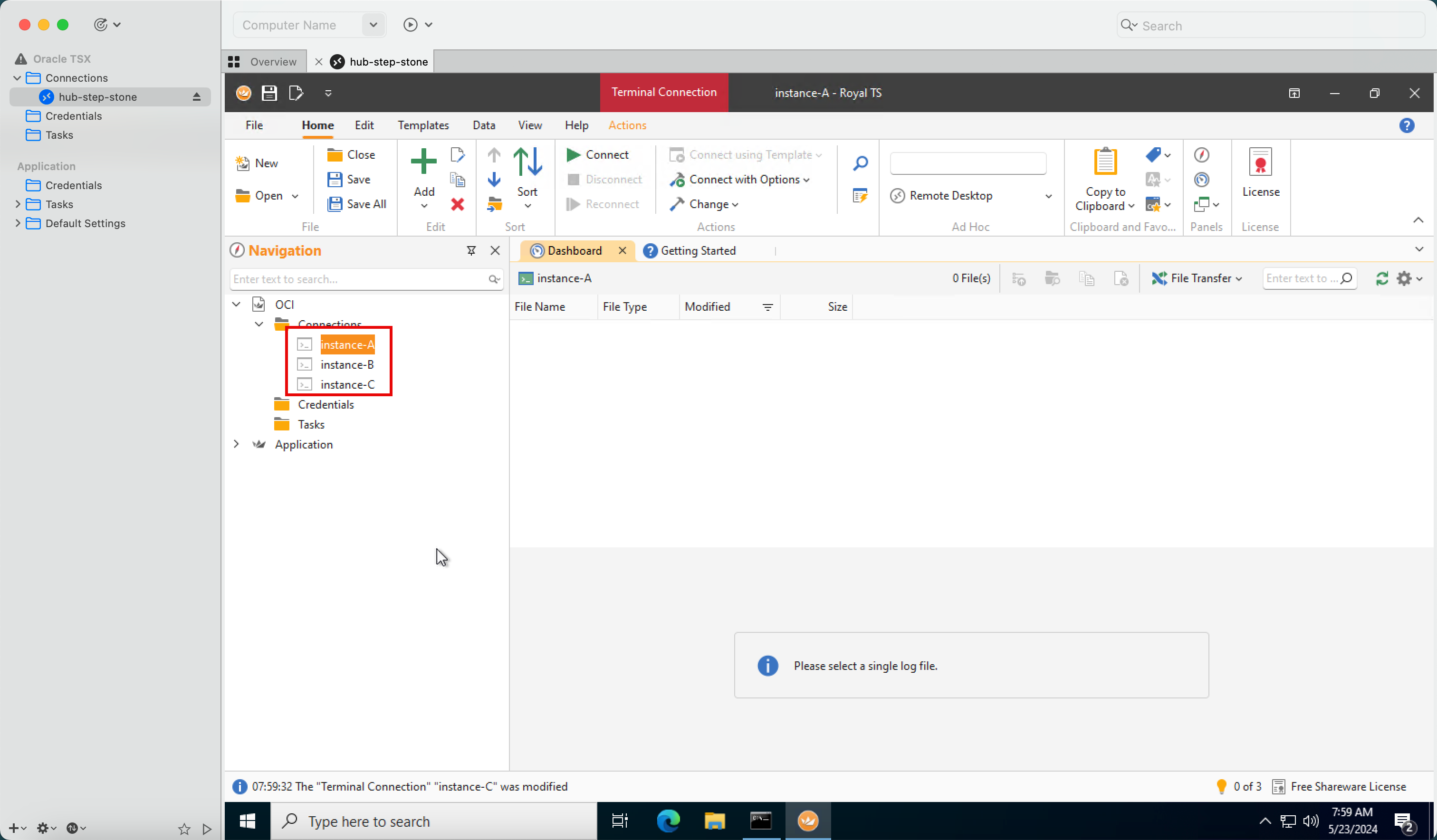

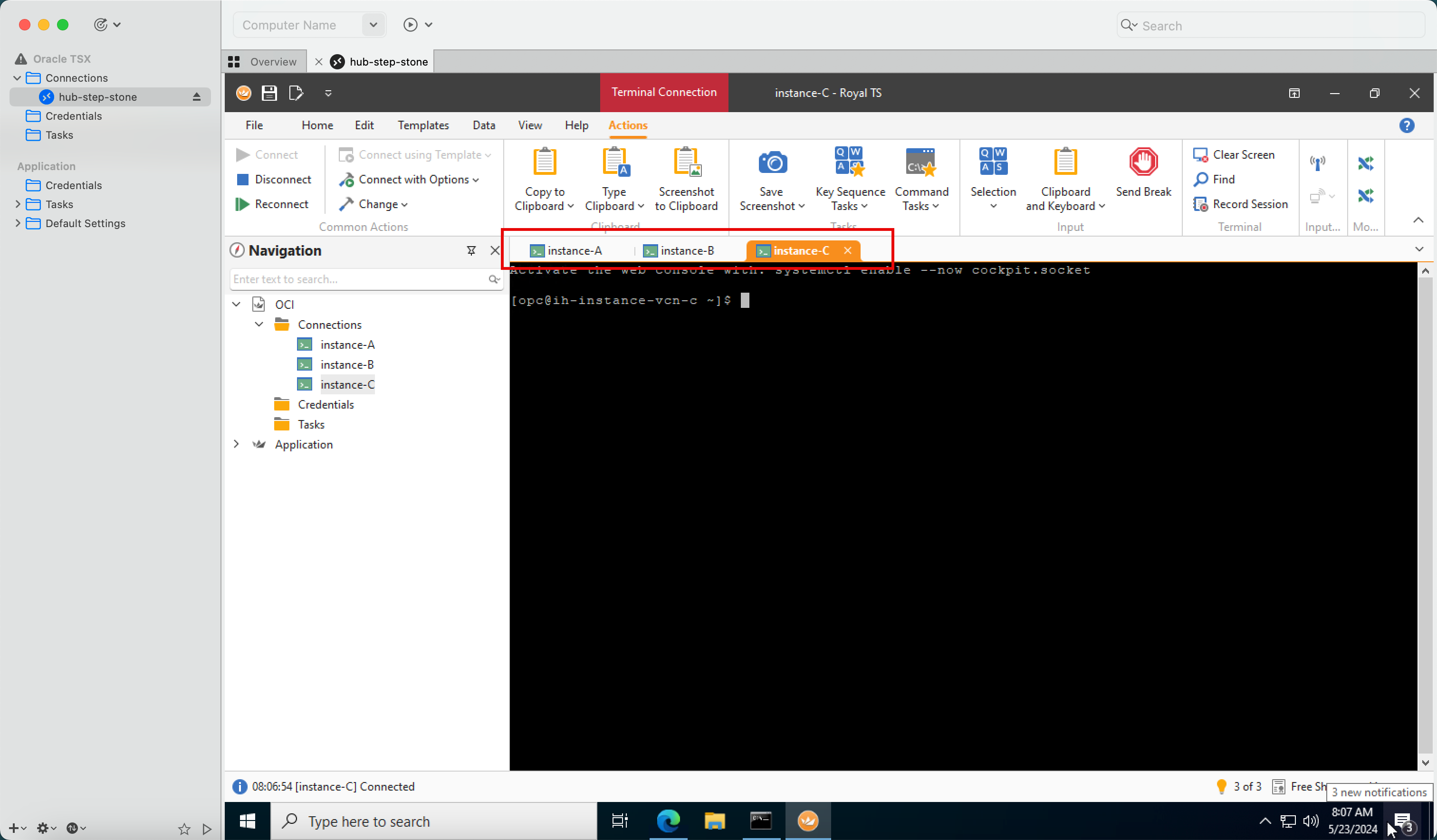

タスク8.3: SSHを使用したスポーク・インスタンスへの接続

ping (ICMP)はタスク8.2で動作しています。次に、スポーク・インスタンスから接続テストも実行する必要があるため、SSHを使用してスポーク・インスタンスに接続します。

-

ルーティング構成のため:

- トラフィックはpfSenseファイアウォールに送信されます。

- pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- SSHトラフィックが受け入れられると、トラフィックはDRGにルーティングされます。

- その後、DRGはトラフィックを正しいスポークVCNにルーティングします。

-

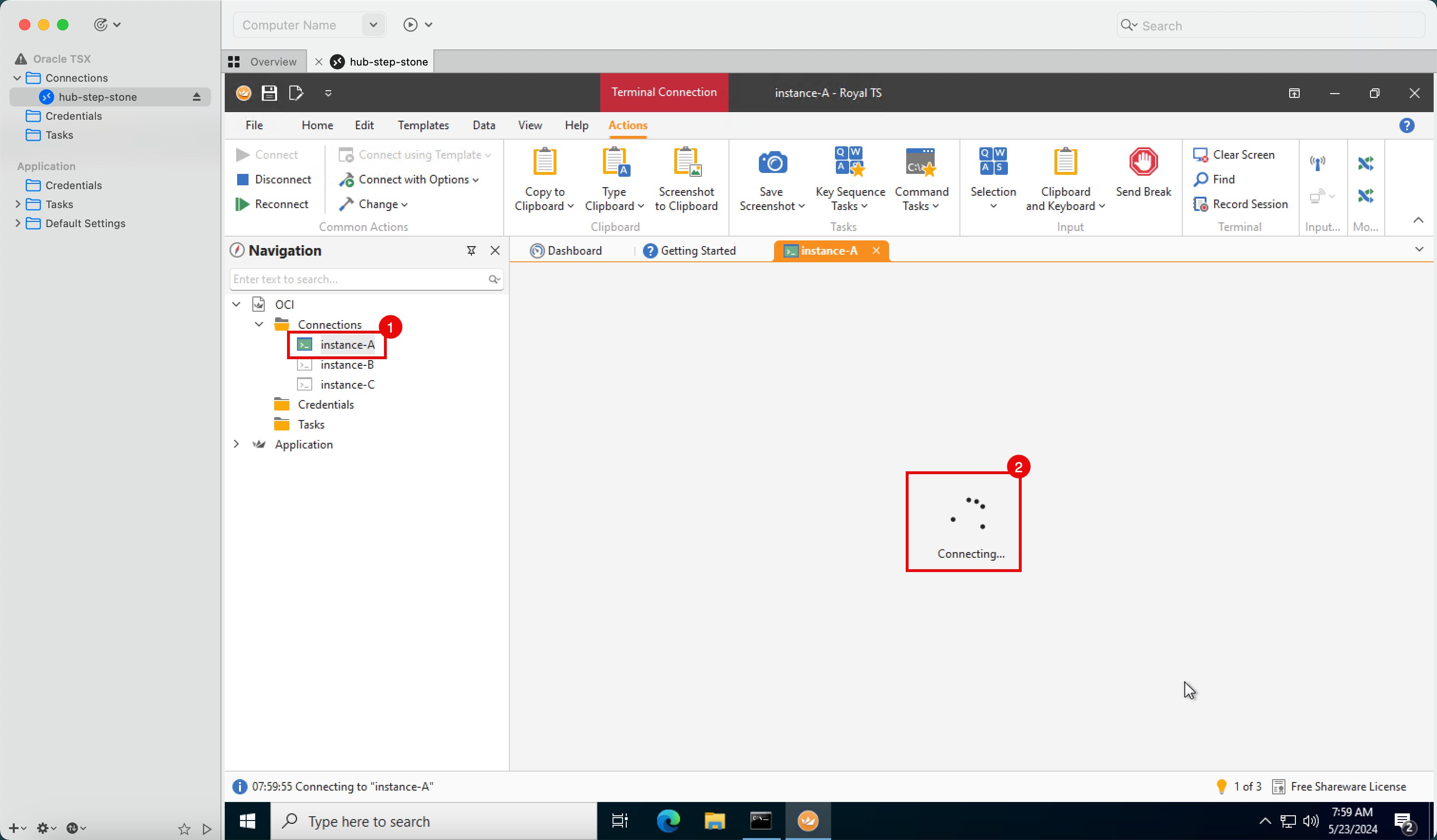

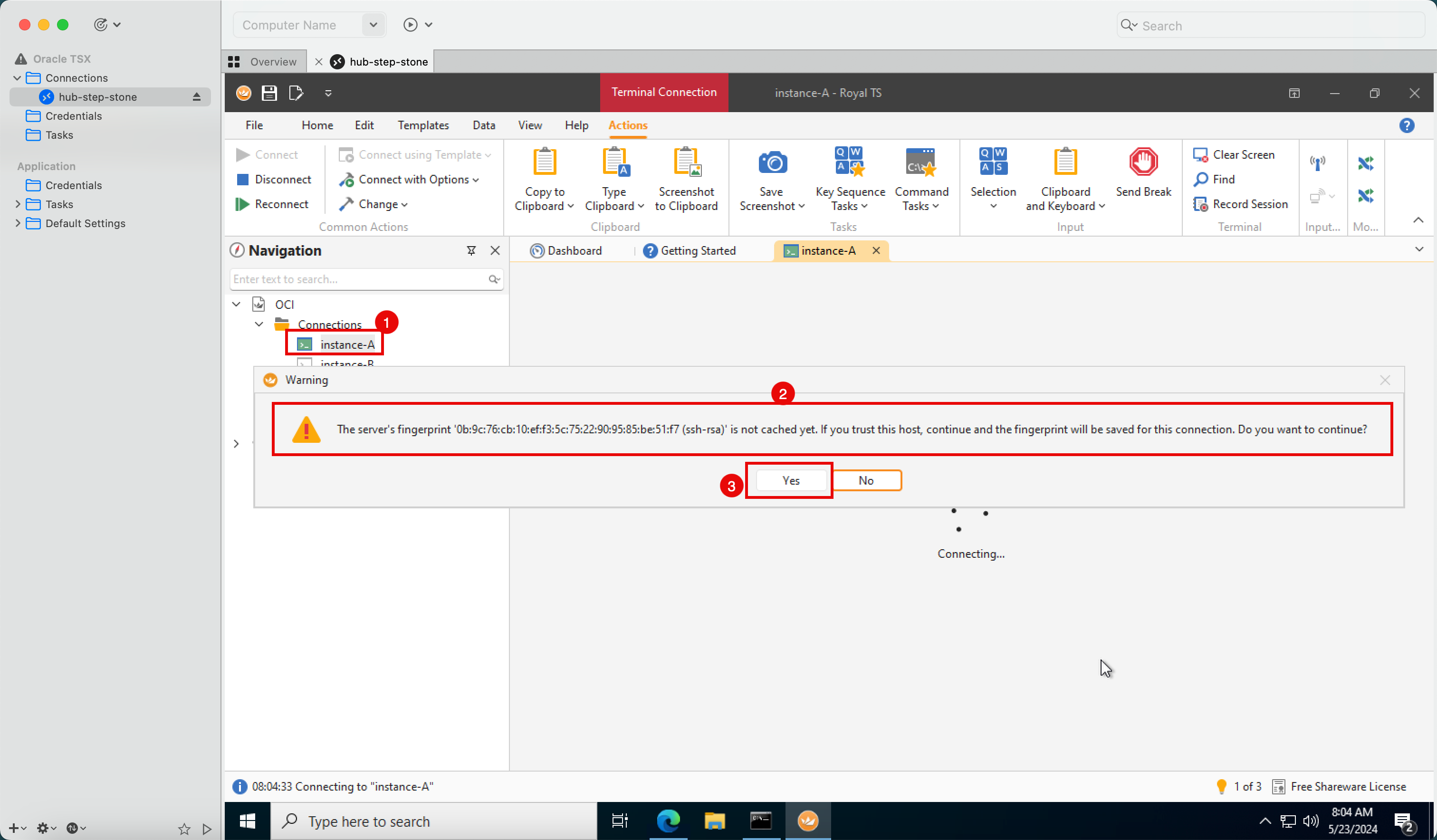

このチュートリアルでは、Royal TSXアプリケーションのすべてのSSHセッションを事前構成しました。

- スポークVCN Aインスタンスに接続します。

- 接続が通過しようとしていることに注意してください。

-

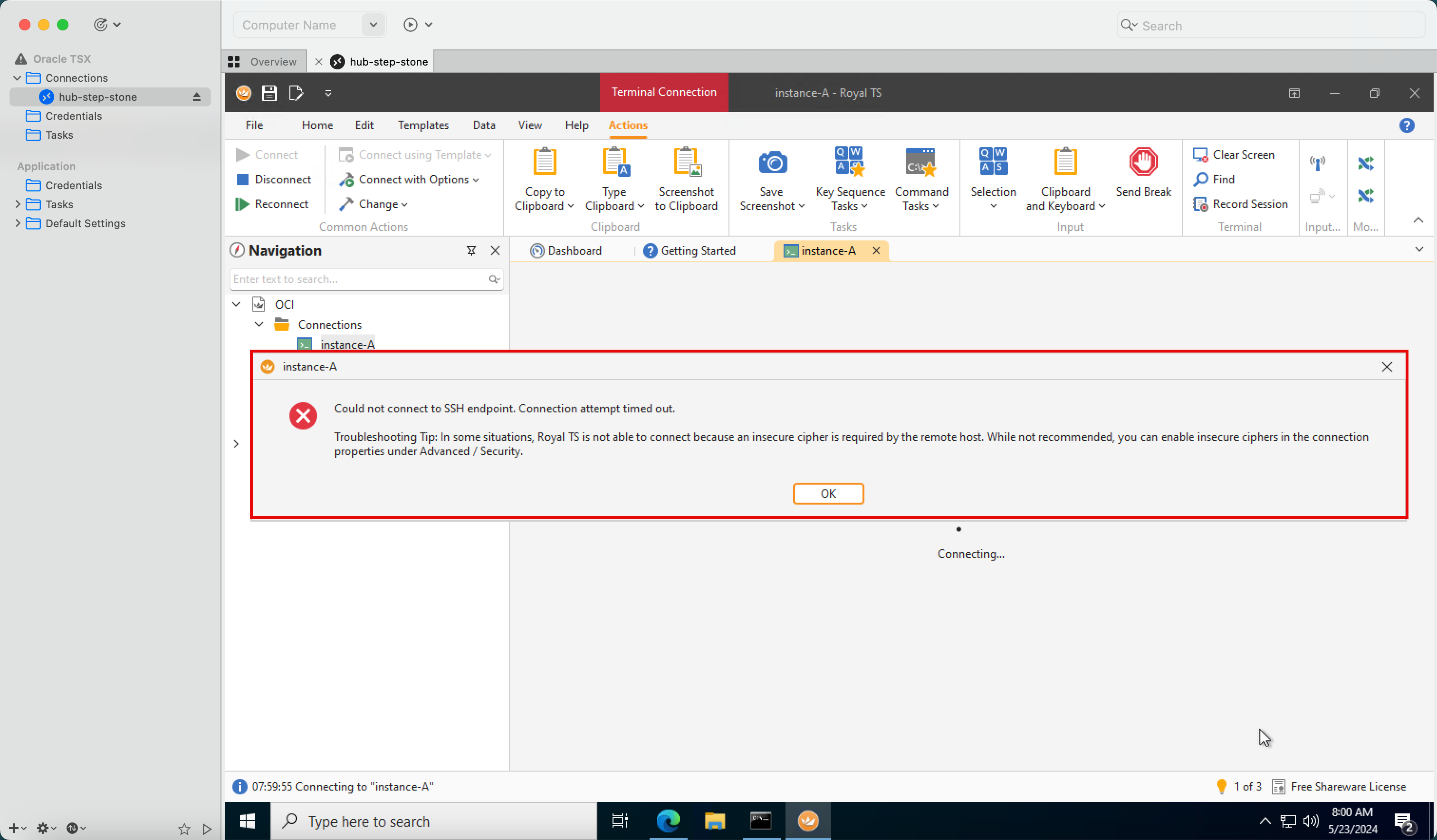

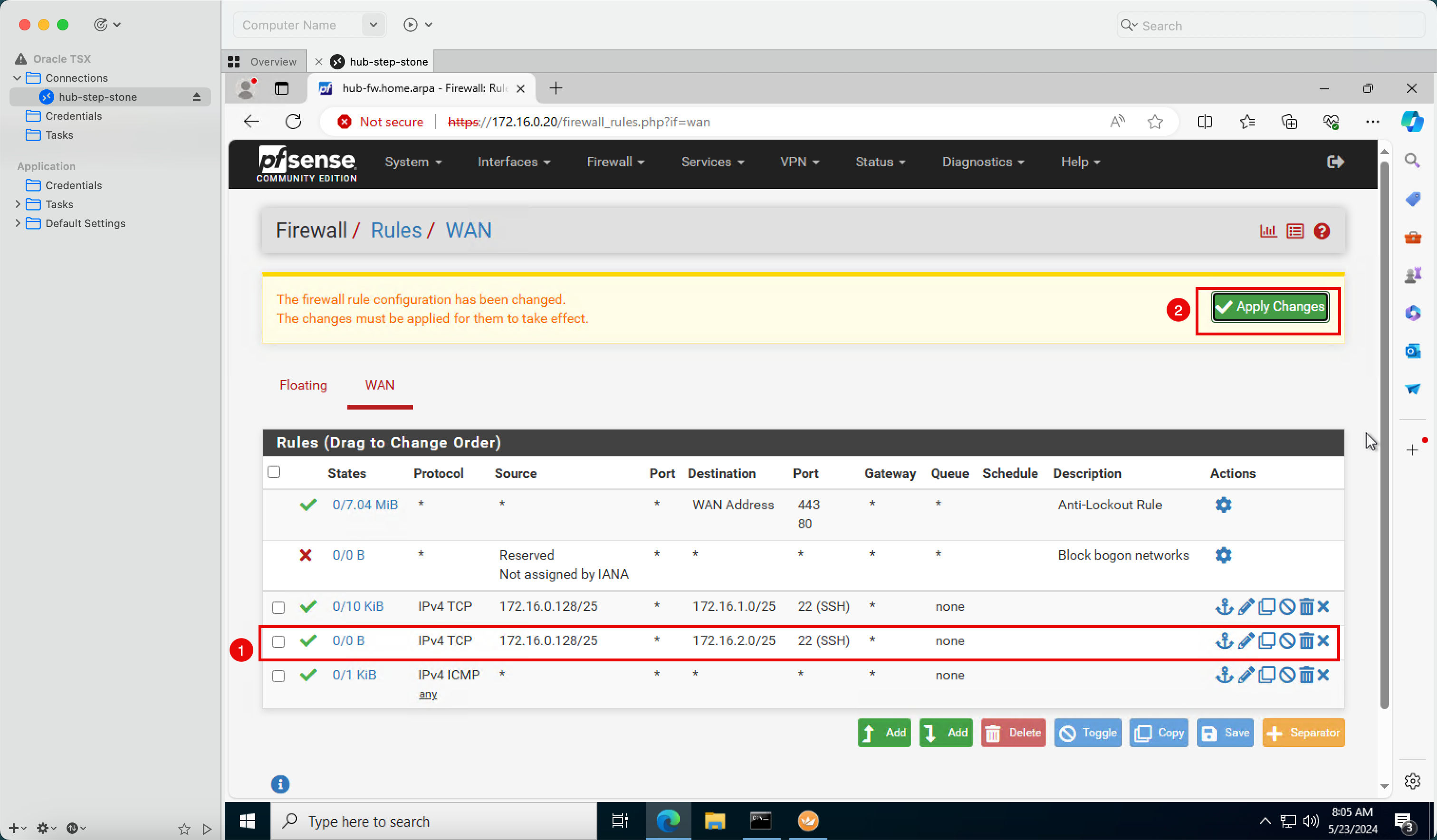

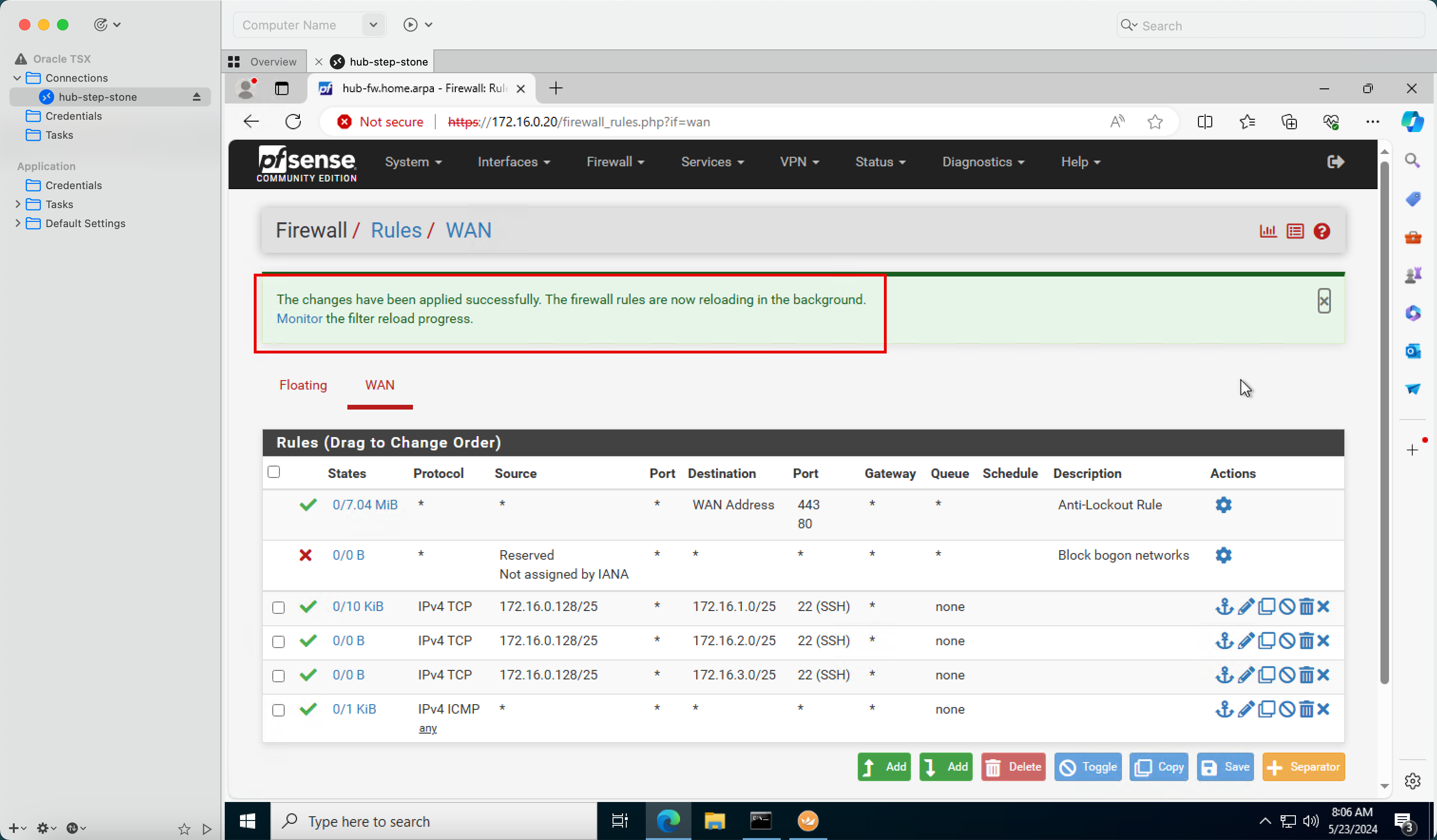

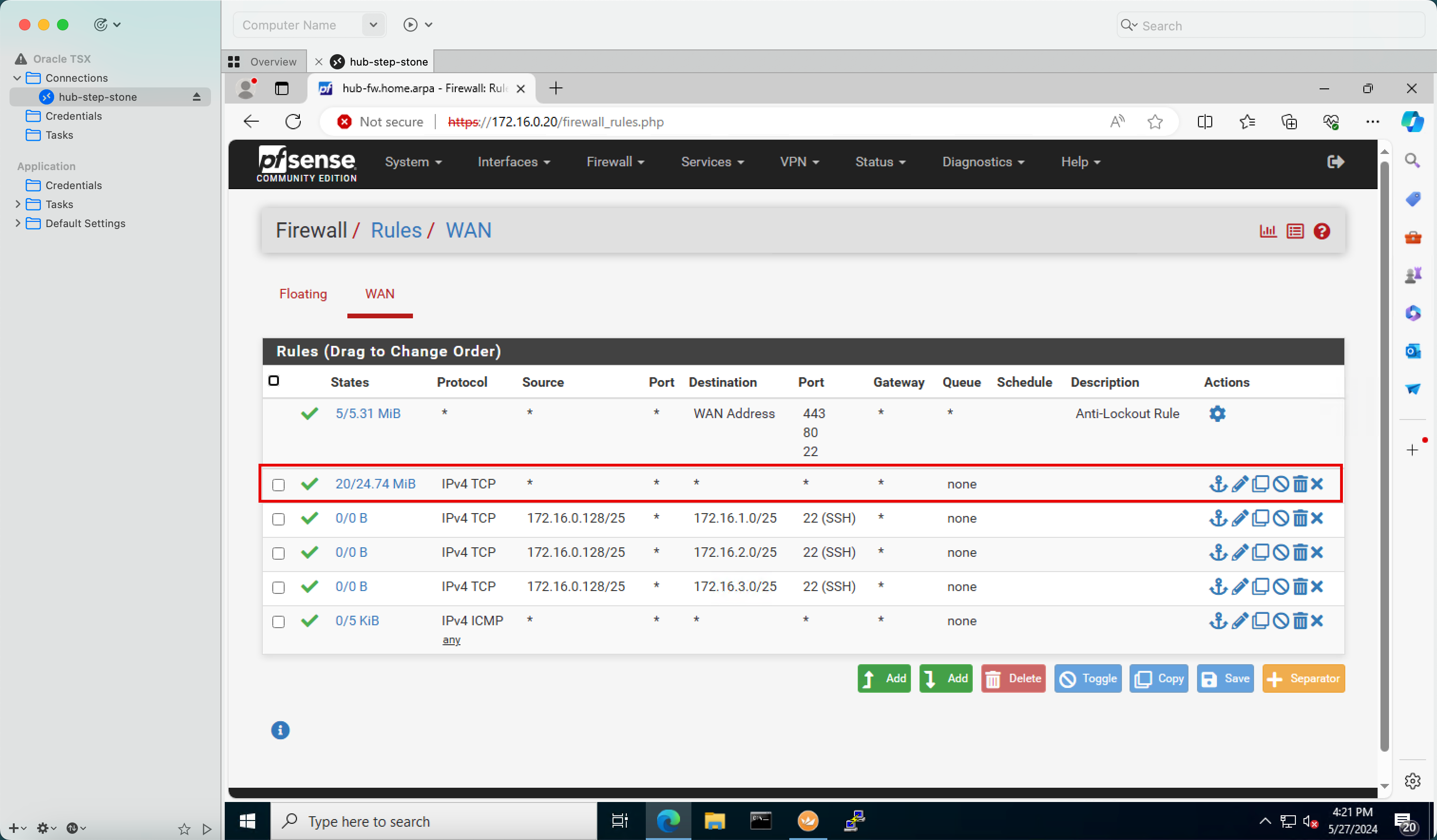

接続がタイムアウトしていることに注意してください。その理由は、TCP/

22(SSH)トラフィックを許可するファイアウォール・ルールがpfSenseハブ・ファイアウォールにないためです。

-

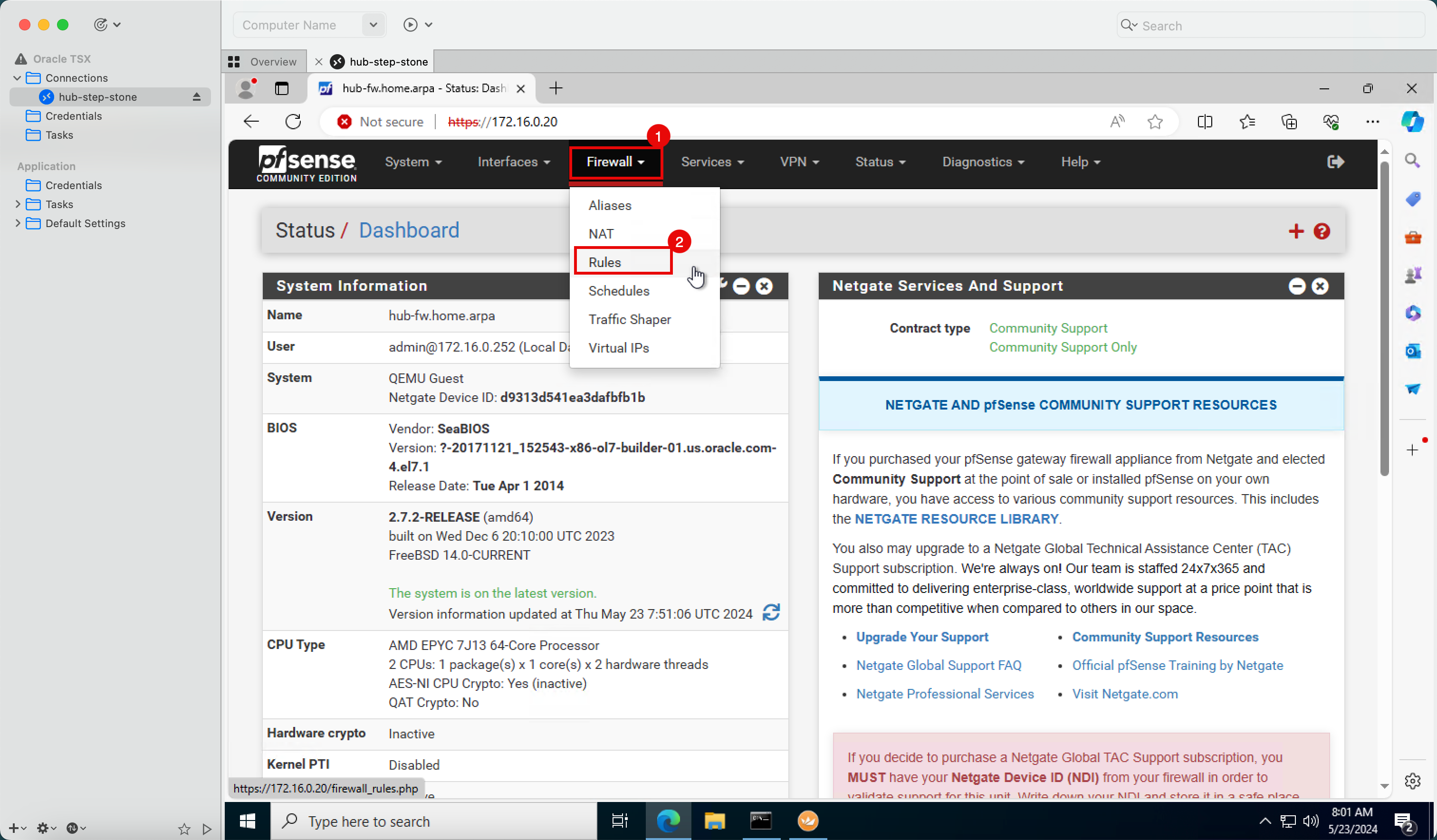

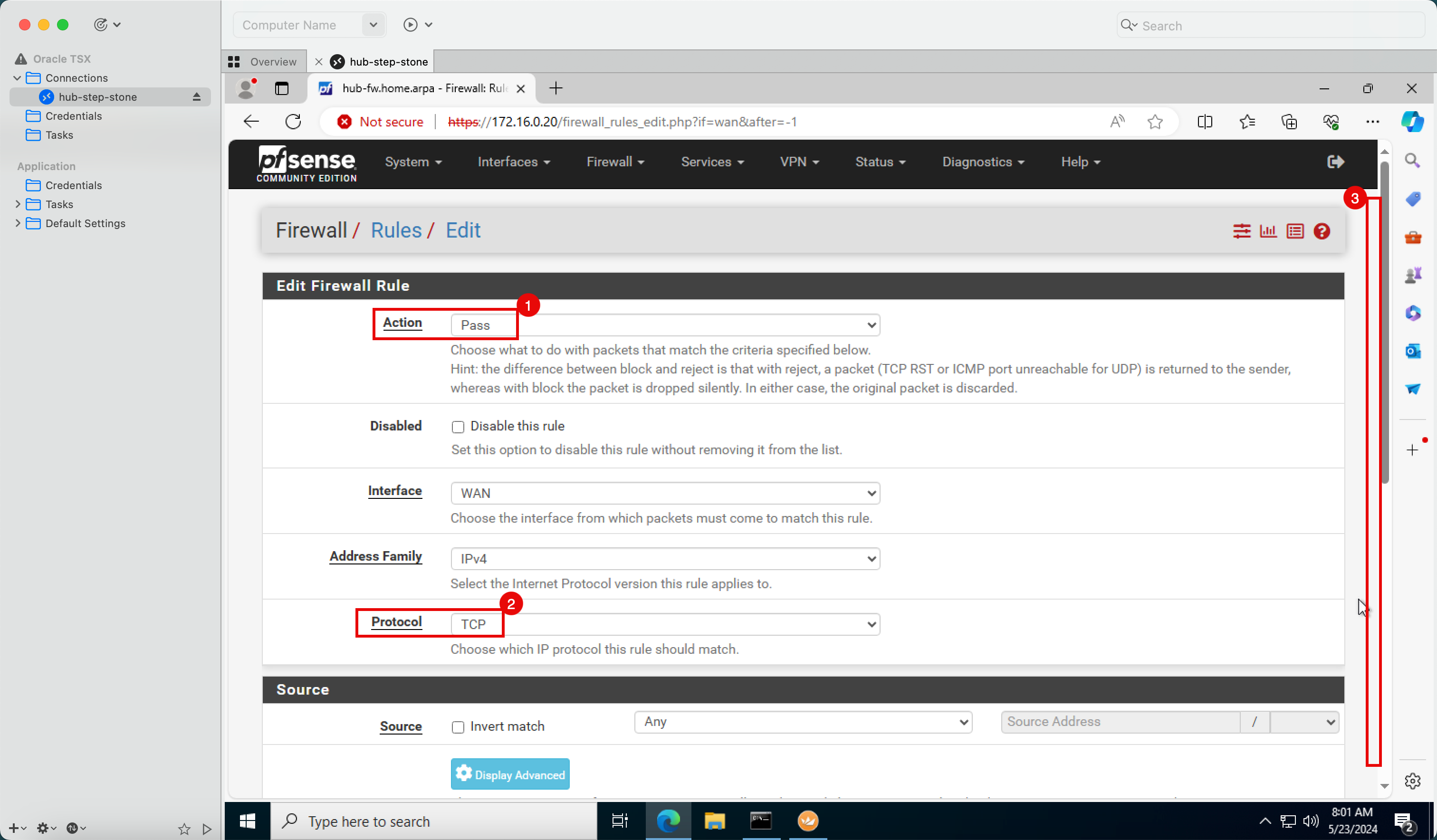

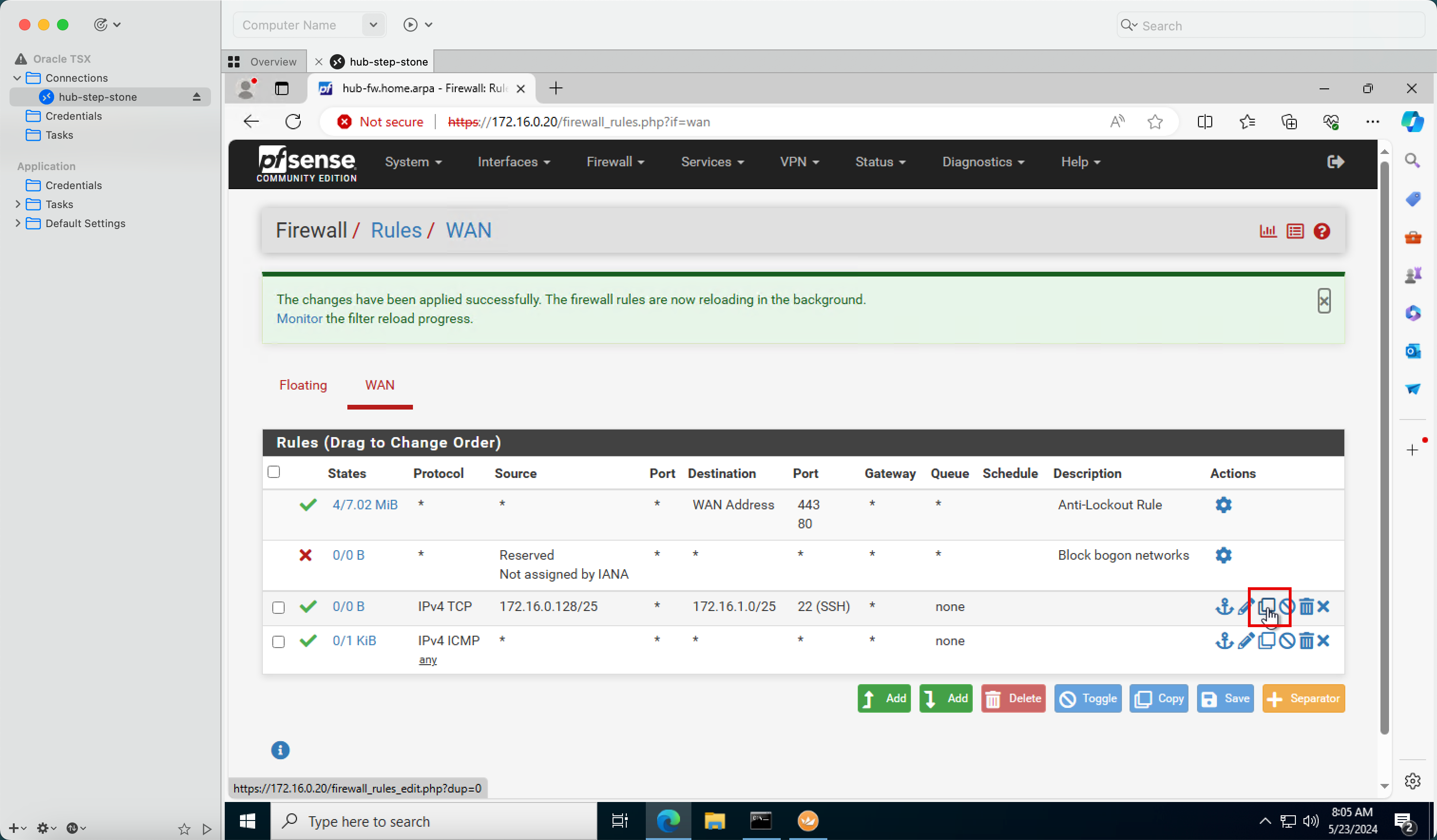

pfSense管理コンソールに接続します。

- 「ファイアウォール」ドロップダウン・メニューをクリックします。

- 「ルール」をクリックします。

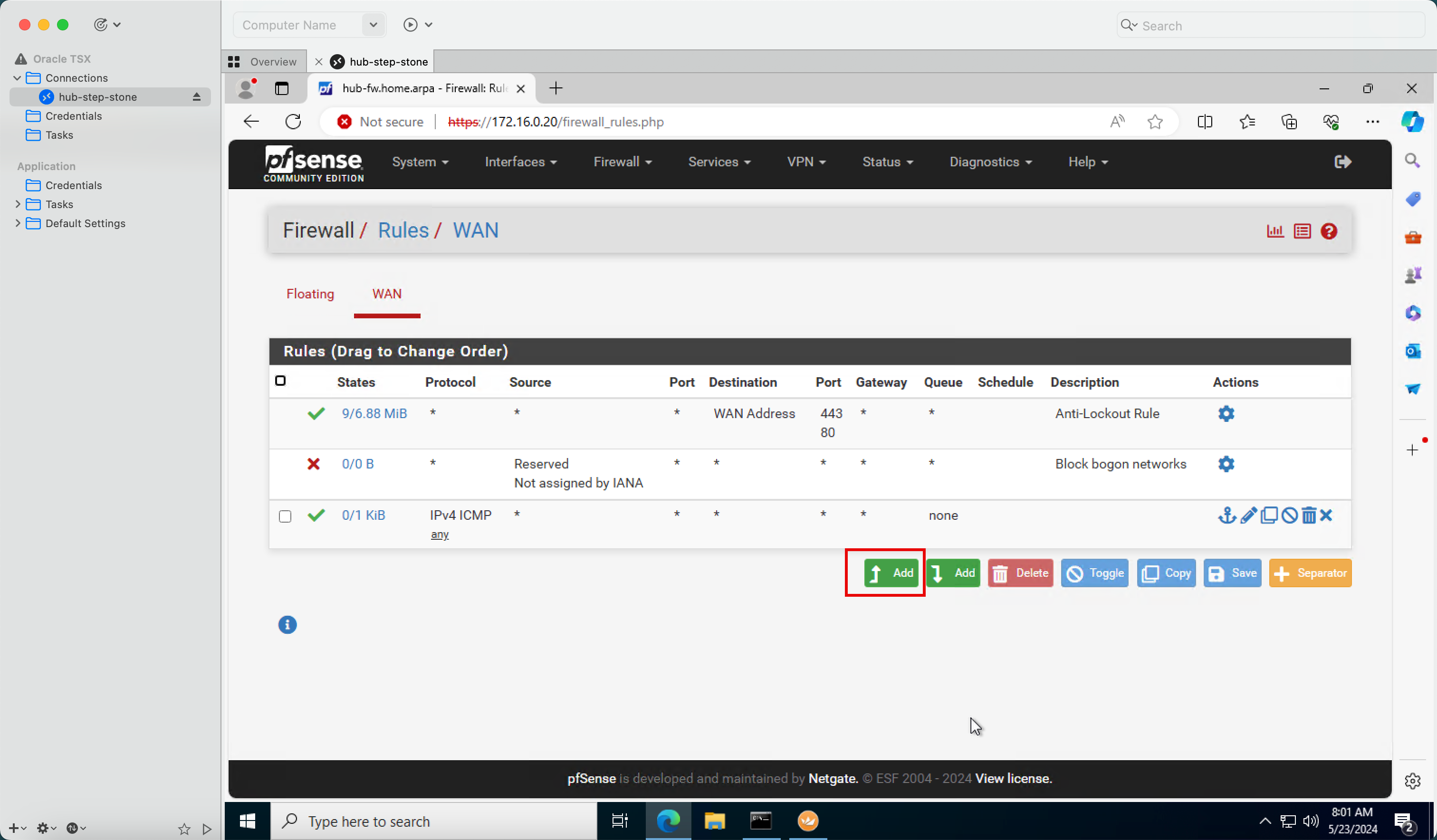

-

「追加」をクリックします。

- 「アクション」で、「パス」を選択します。

- 「プロトコル」で、「TCP」を選択します。

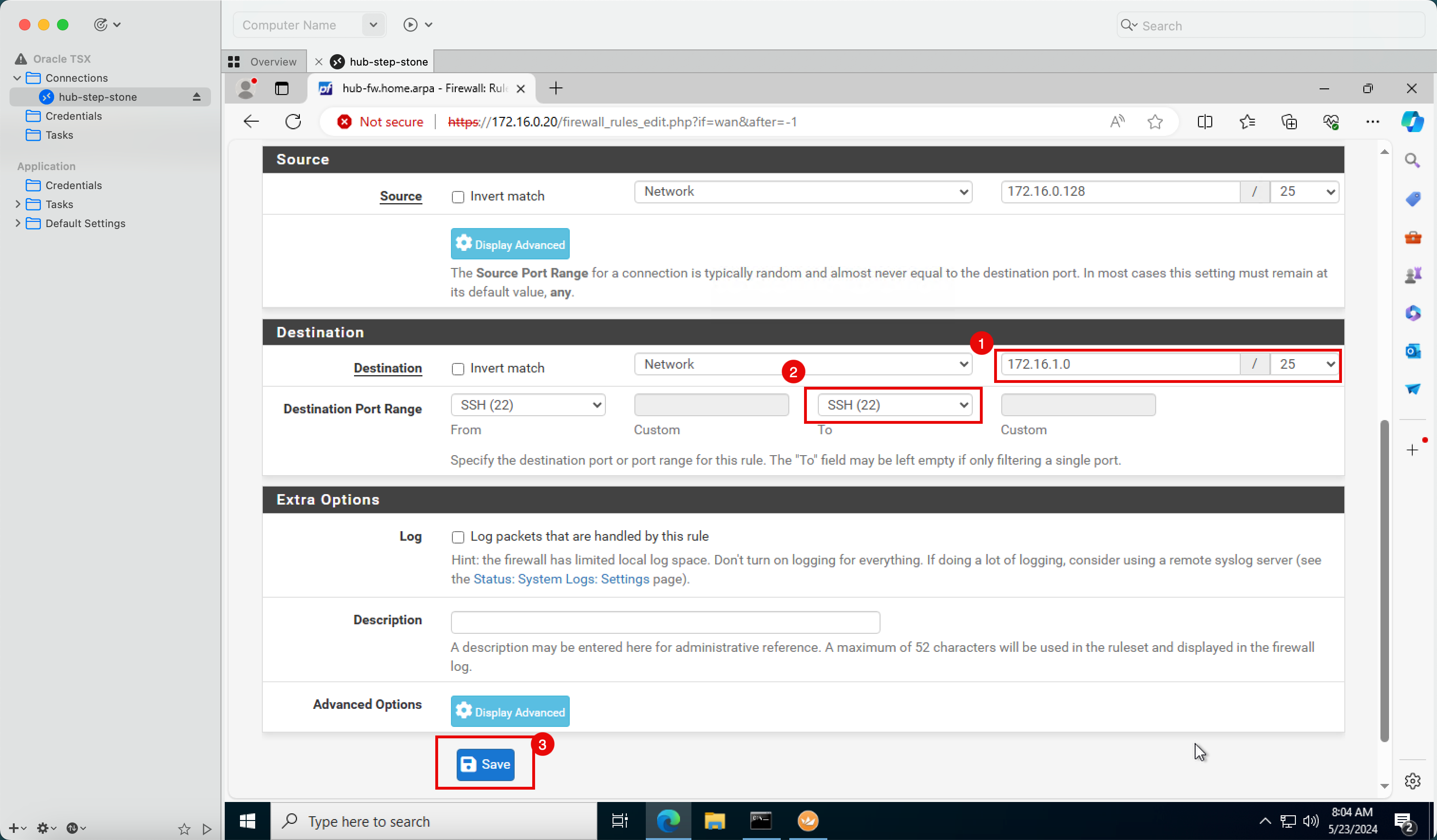

- 「宛先ネットワーク」に、

172.16.1.0/25と入力します。 - 「宛先ポート範囲」で、「SSH (22)」を選択します。

- 「保存」をクリックします。

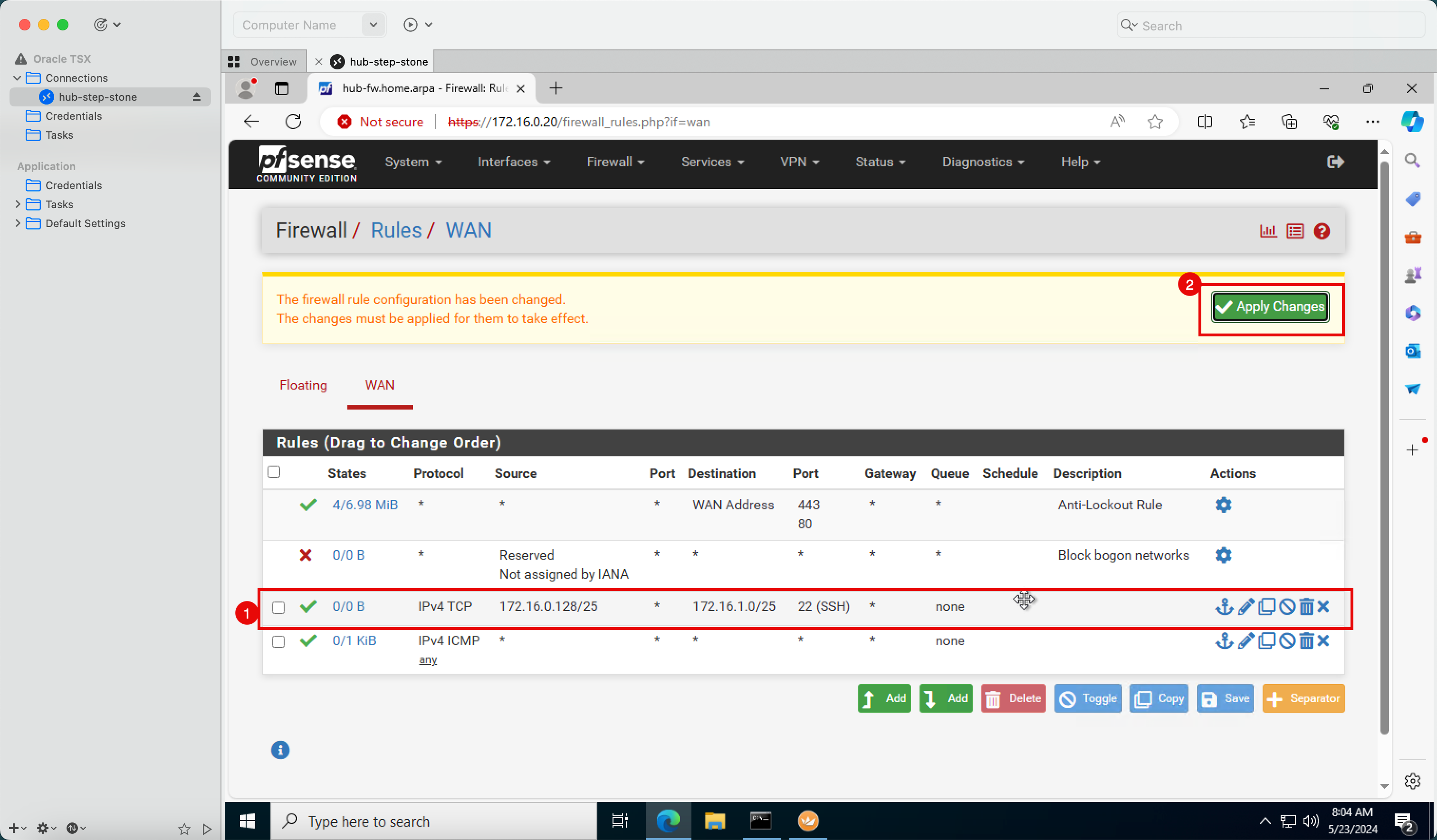

- スポークVCN AネットワークへのSSHを許可するために、ファイアウォール・ルールが存在することに注意してください。

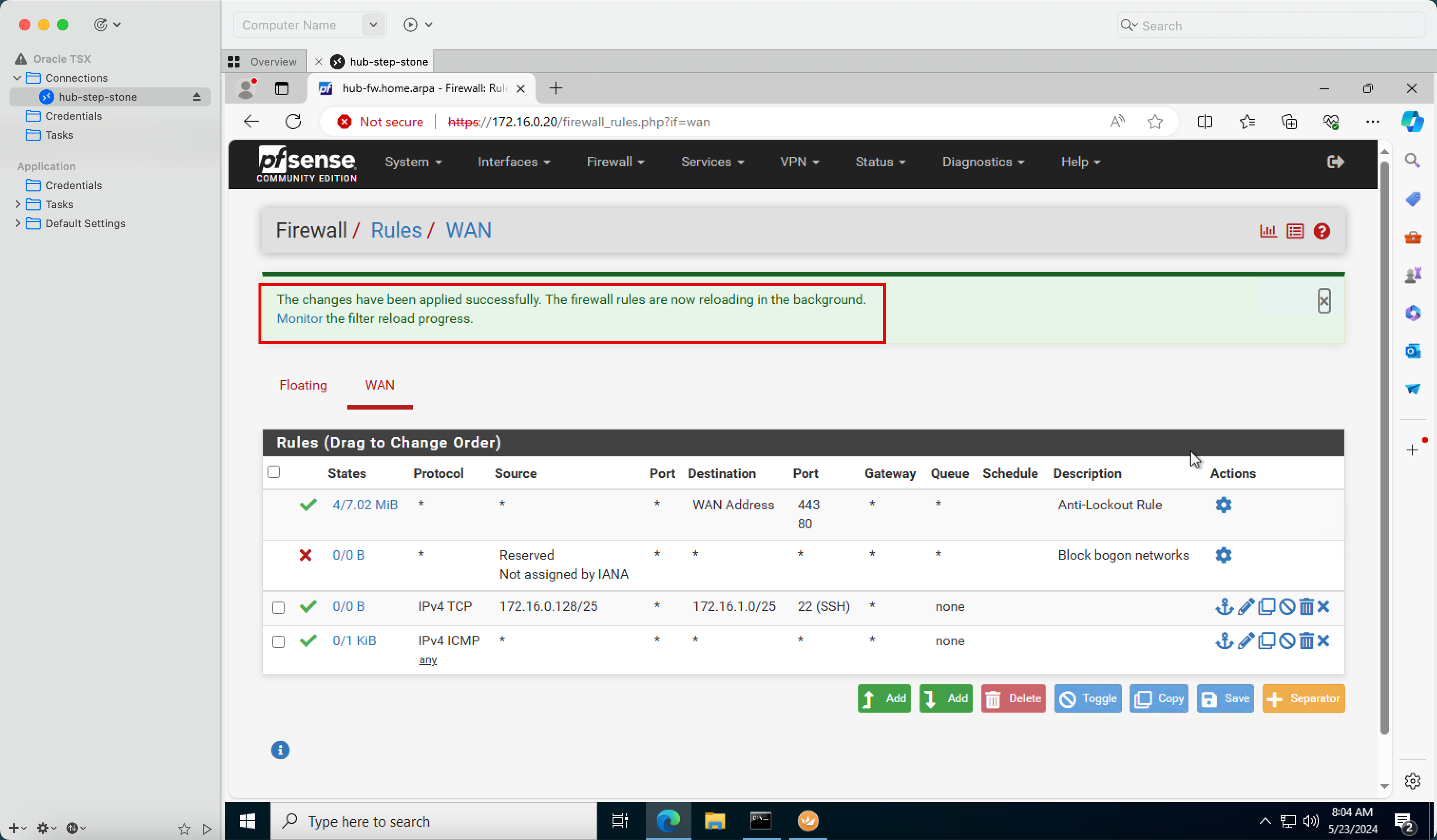

- 「変更の適用」をクリックします。

-

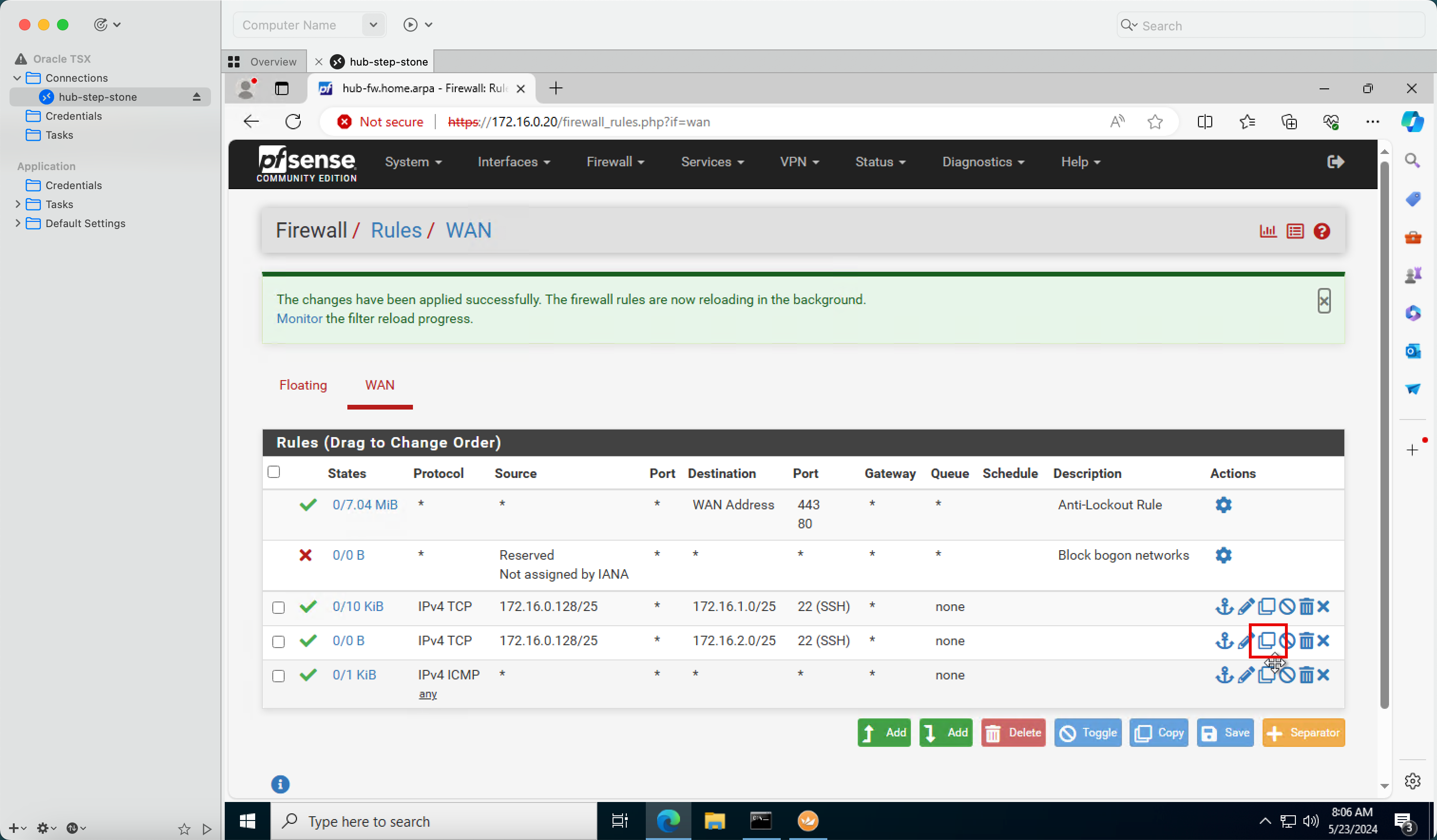

変更が正常に適用されたことに注意してください。

- スポークVCN Aインスタンスに再度接続します。

- VCN AインスタンスのSSHフィンガープリントをキャッシュする質問が表示されることに注意してください。これが初めての接続であるためです。

- 「はい」をクリックします。

-

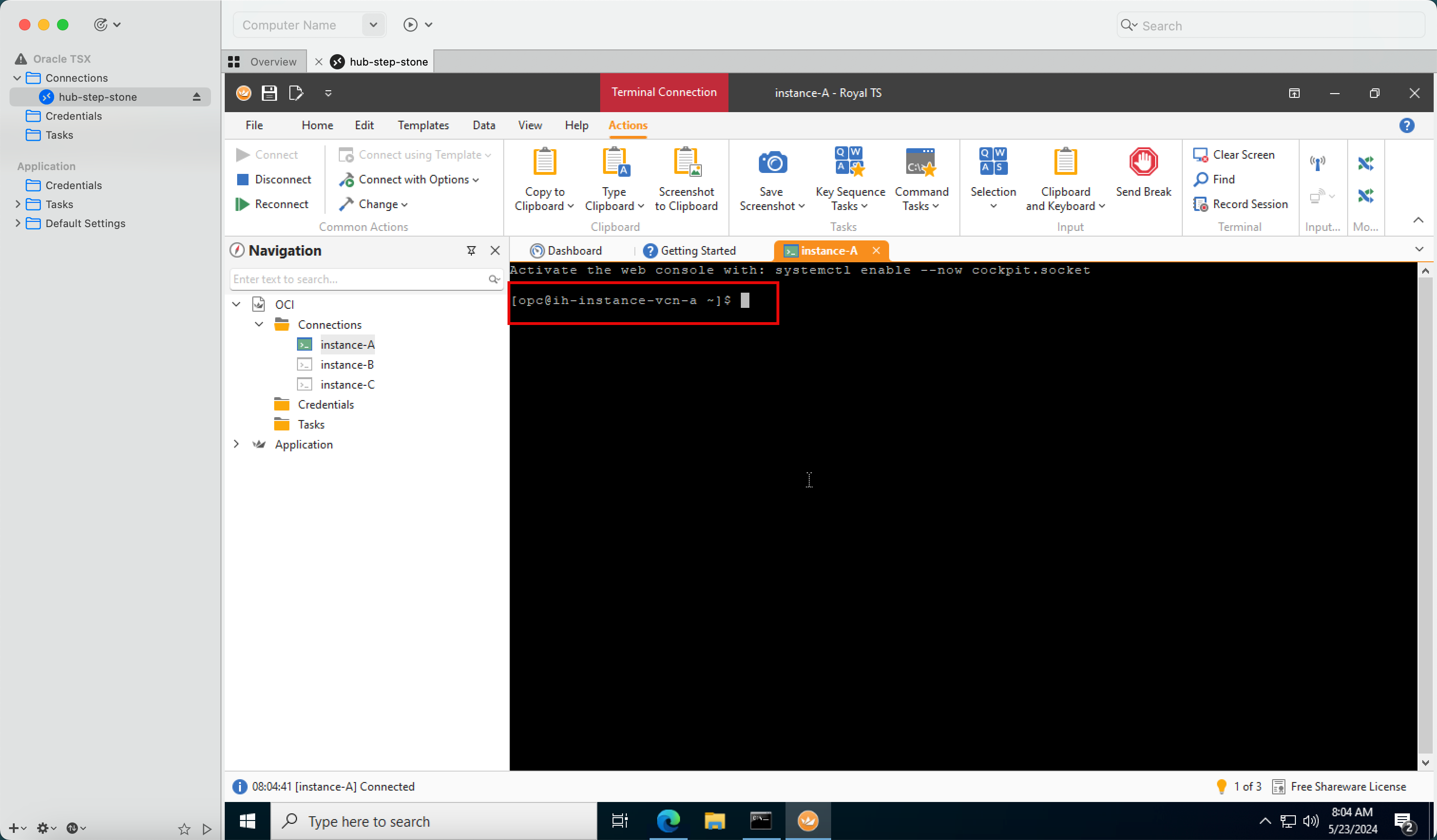

これで、ハブ・ステップ・ストーンからSSHを使用したスポークAインスタンスへの接続が成功しました。

-

スポークAネットワークのみが許可されていますが、スポークBとスポークCネットワークのルールも追加する必要があります。psSense管理コンソールに戻ります。

-

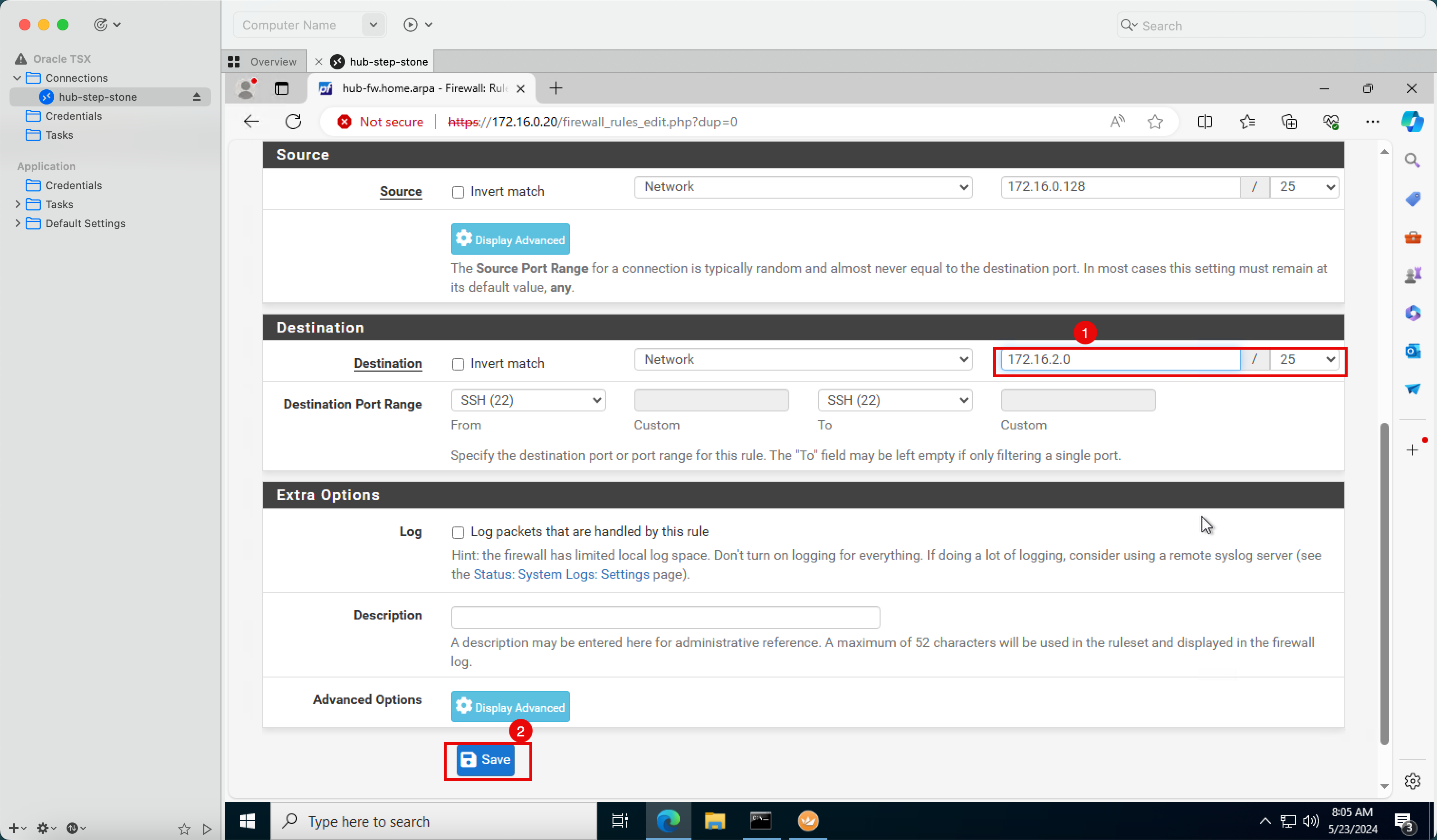

スポークA VCNへのSSHを許可するために作成したルールのクローニング/コピー/複製。

- 「宛先」を

172.16.2.0/25に変更します。 - 「保存」をクリックします。

- スポークVCN BネットワークへのSSHを許可するために、ファイアウォール・ルールが存在することに注意してください。

- 「変更の適用」をクリックします。

- 「宛先」を

-

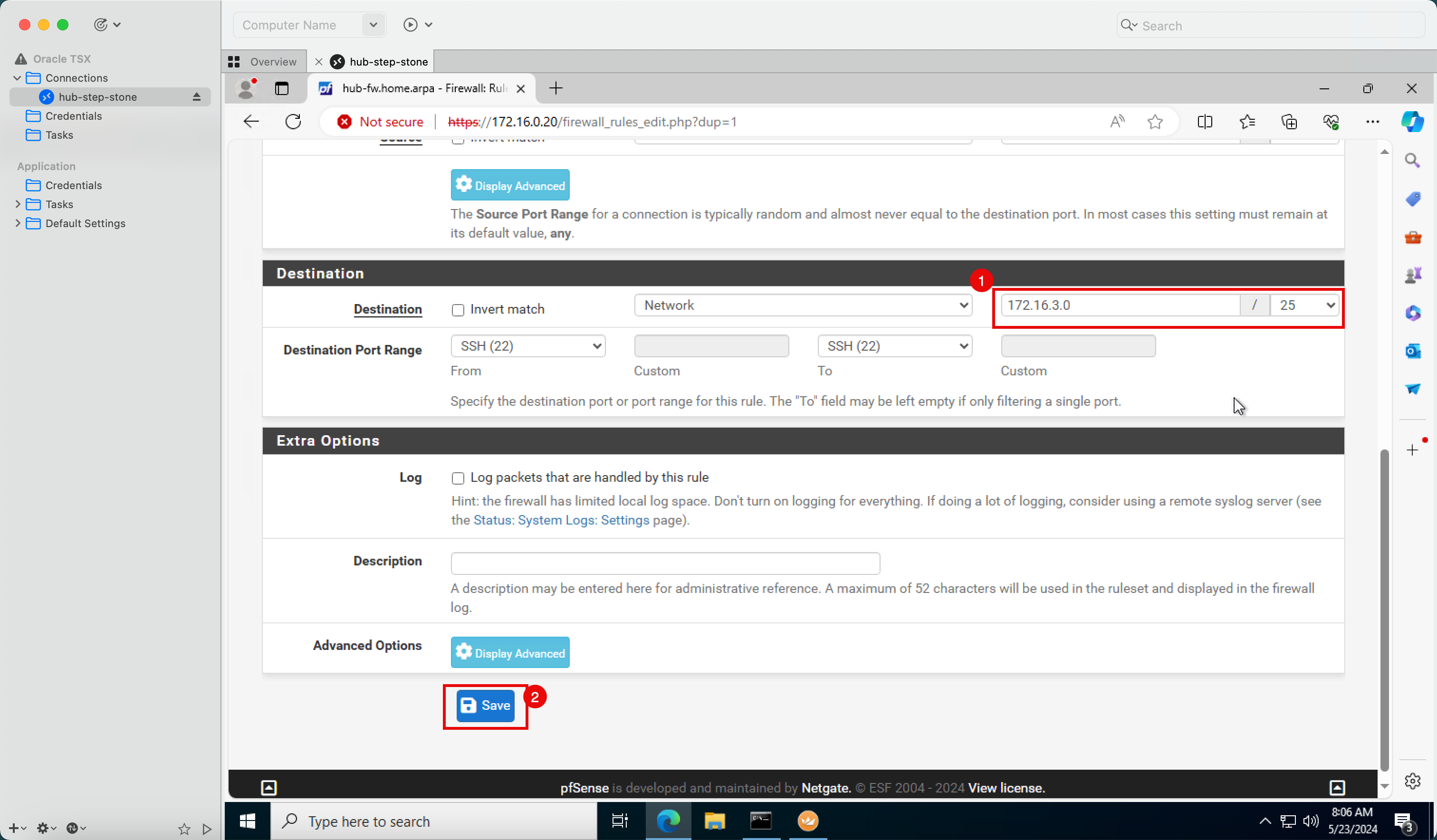

スポークB VCNへのSSHを許可するために作成したルールのクローニング/コピー/複製。

- 「宛先」を

172.16.3.0/25に変更します。 - 「保存」をクリックします。

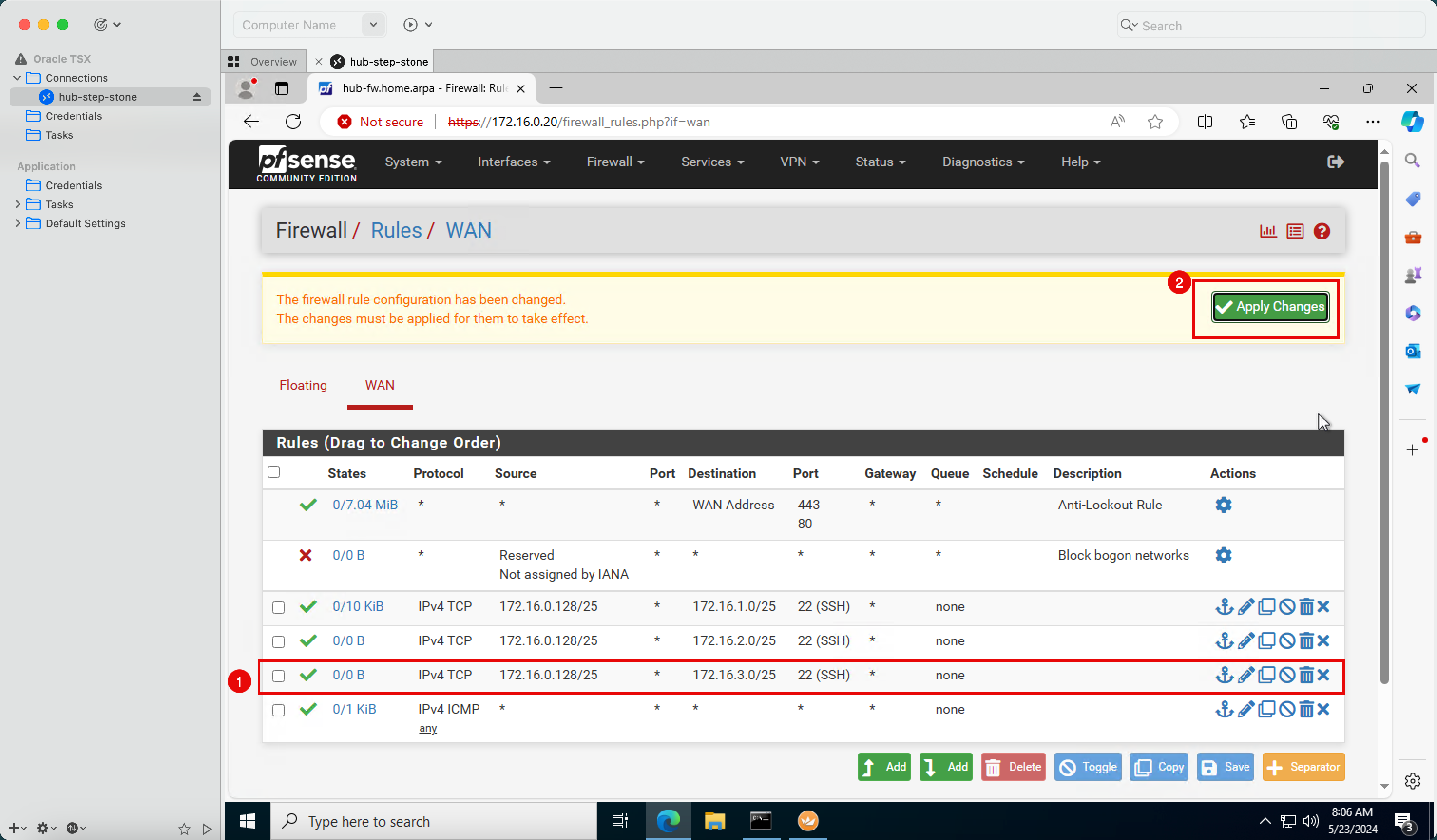

- スポークVCN CネットワークへのSSHを許可するために、ファイアウォール・ルールが存在することに注意してください。

- 「変更の適用」をクリックします。

- 「宛先」を

-

変更が正常に適用されたことに注意してください。

-

SSHを使用してすべてのスポーク・インスタンスに接続します。

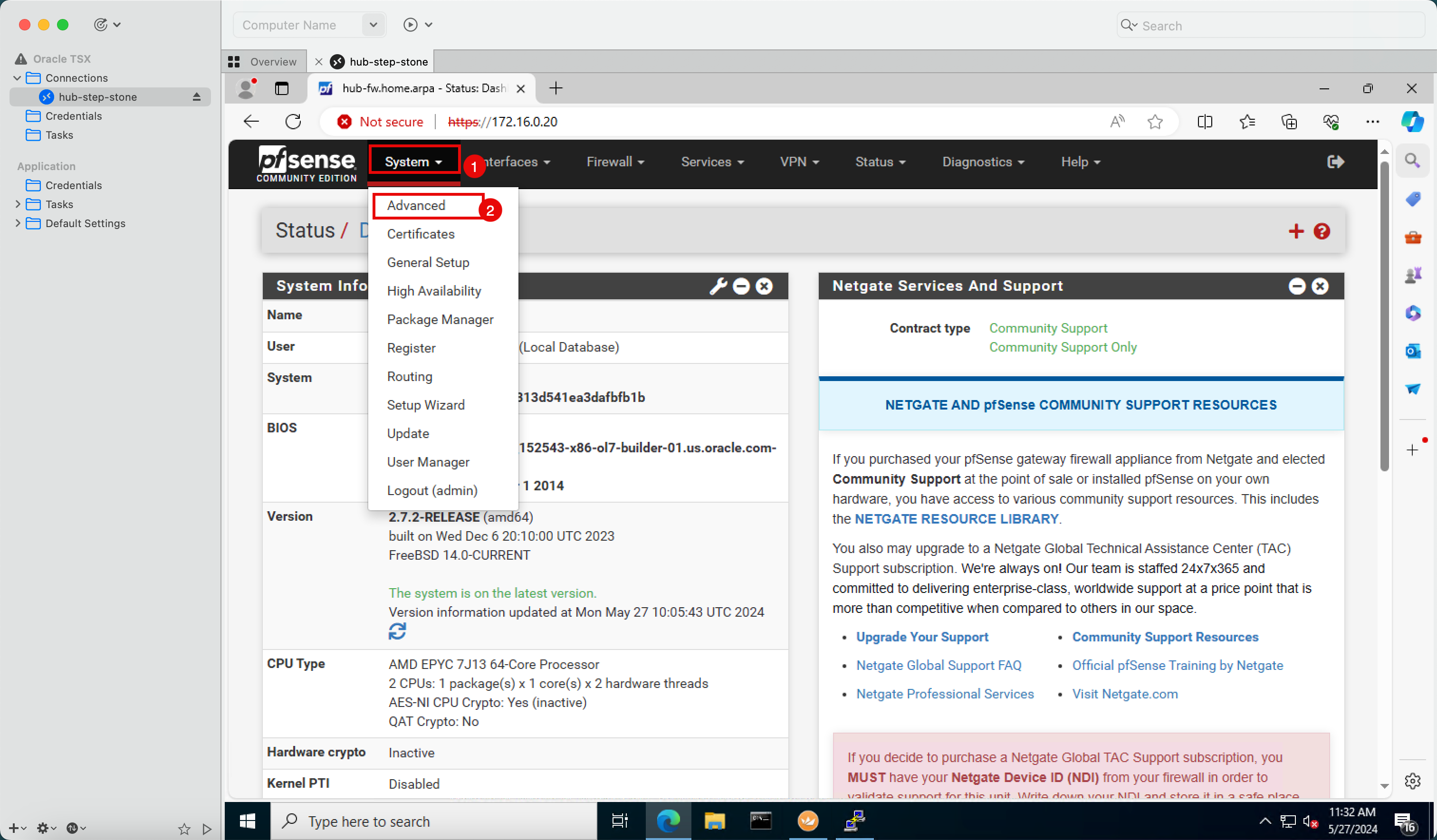

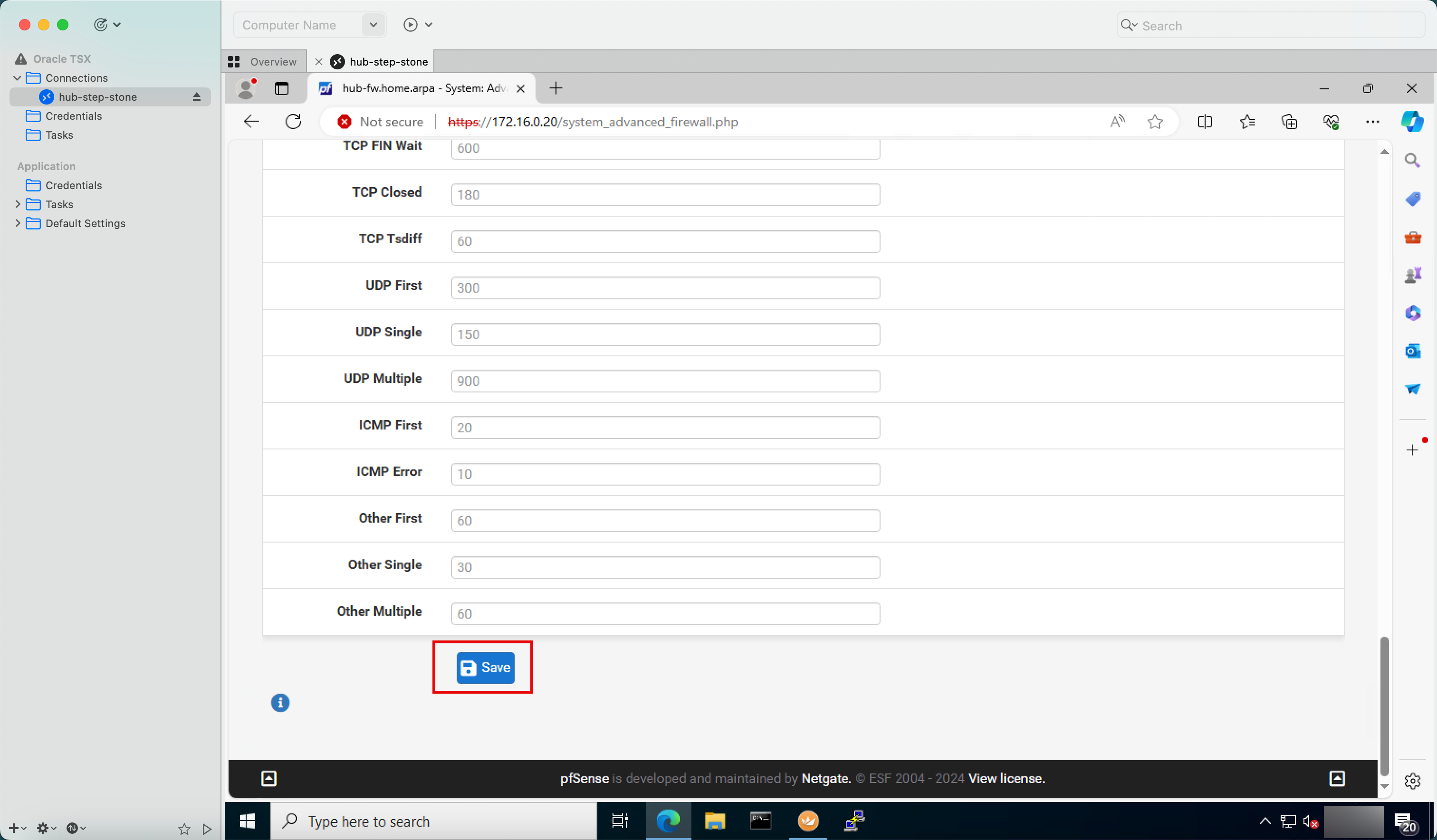

問題: SSHセッションは数秒後に終了します。SSH接続が約10秒後に切断されていることに気付き、この問題を複数レベルでトラブルシューティングしました。OCIのセキュリティ・リスト、OCIでのルーティング、およびpfSenseのファイアウォール・ルールを確認しました。最終的に、SSHの削除の問題がpfSenseに関連していることがわかりました。

-

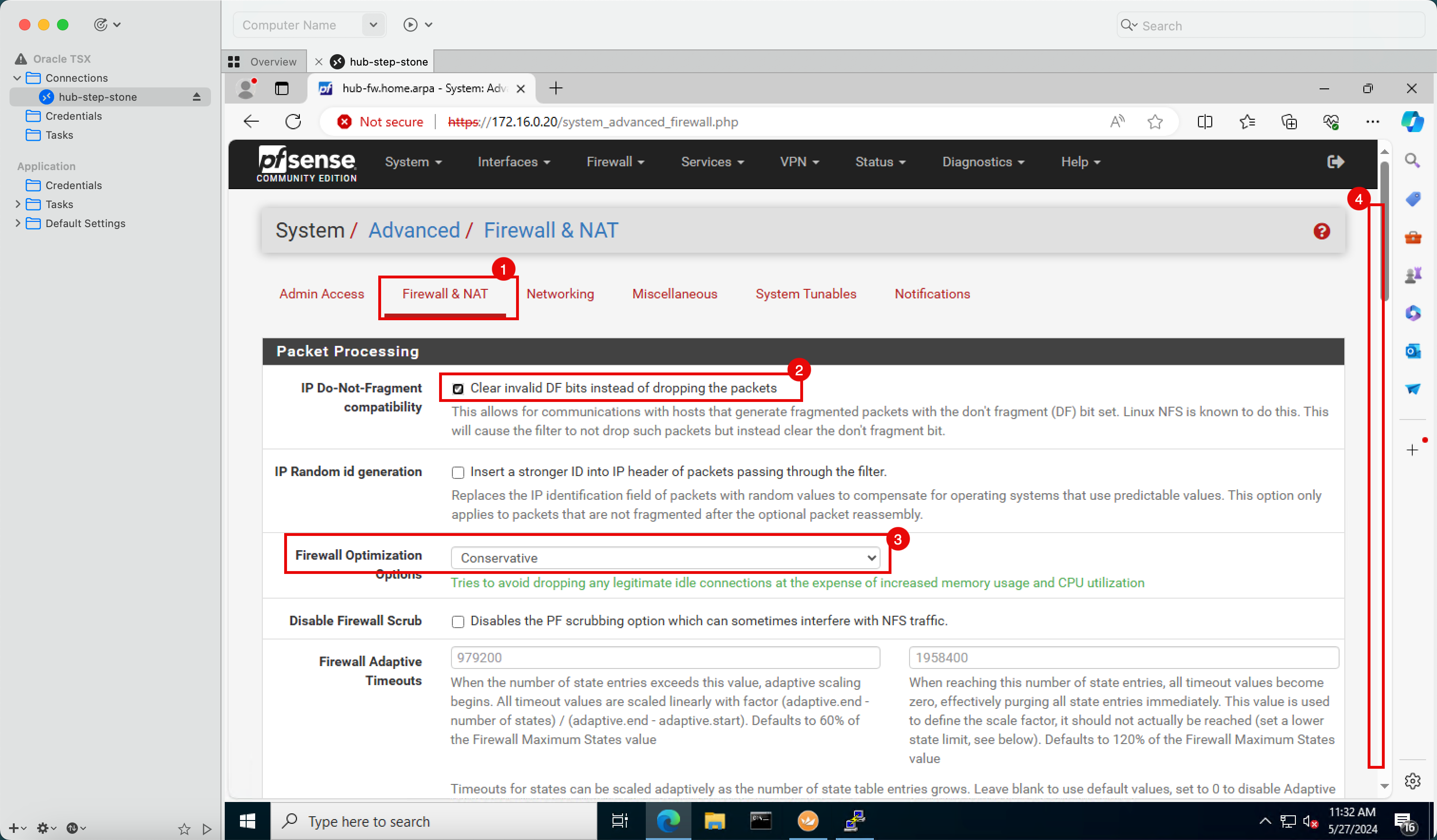

SSH削除の問題を解決するには、pfSense管理コンソールに移動します。

- 「システム」ドロップダウン・メニューをクリックします。

- 「詳細設定」をクリックします。

- 「ファイアウォールとNAT」をクリックします。

- 「パケットをドロップするかわりに無効なDFビットをクリア」を選択します。

- 「ファイアウォールの最適化」で、「保守的」を選択します。

- 下へスクロール

-

「保存」をクリックします。

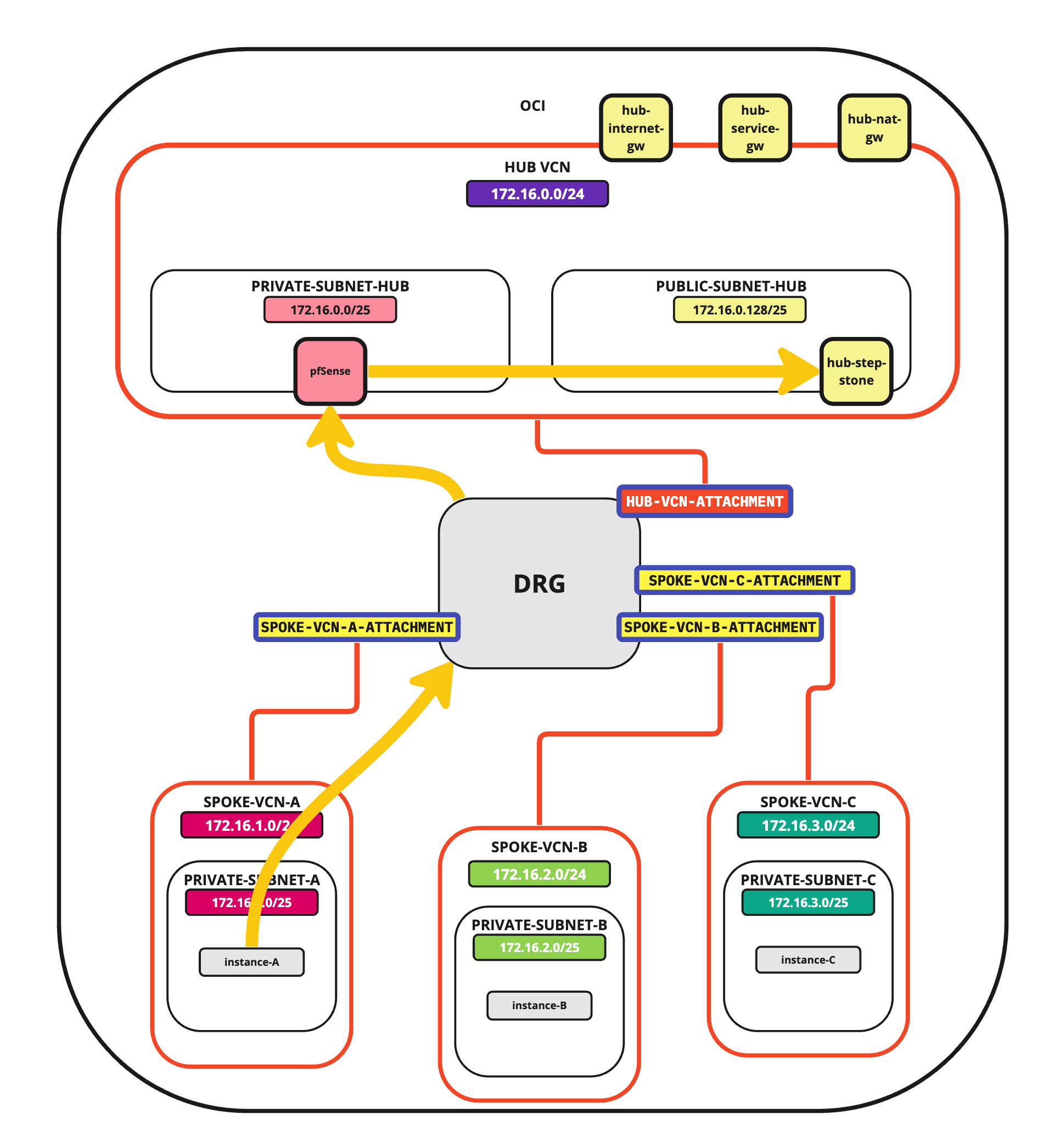

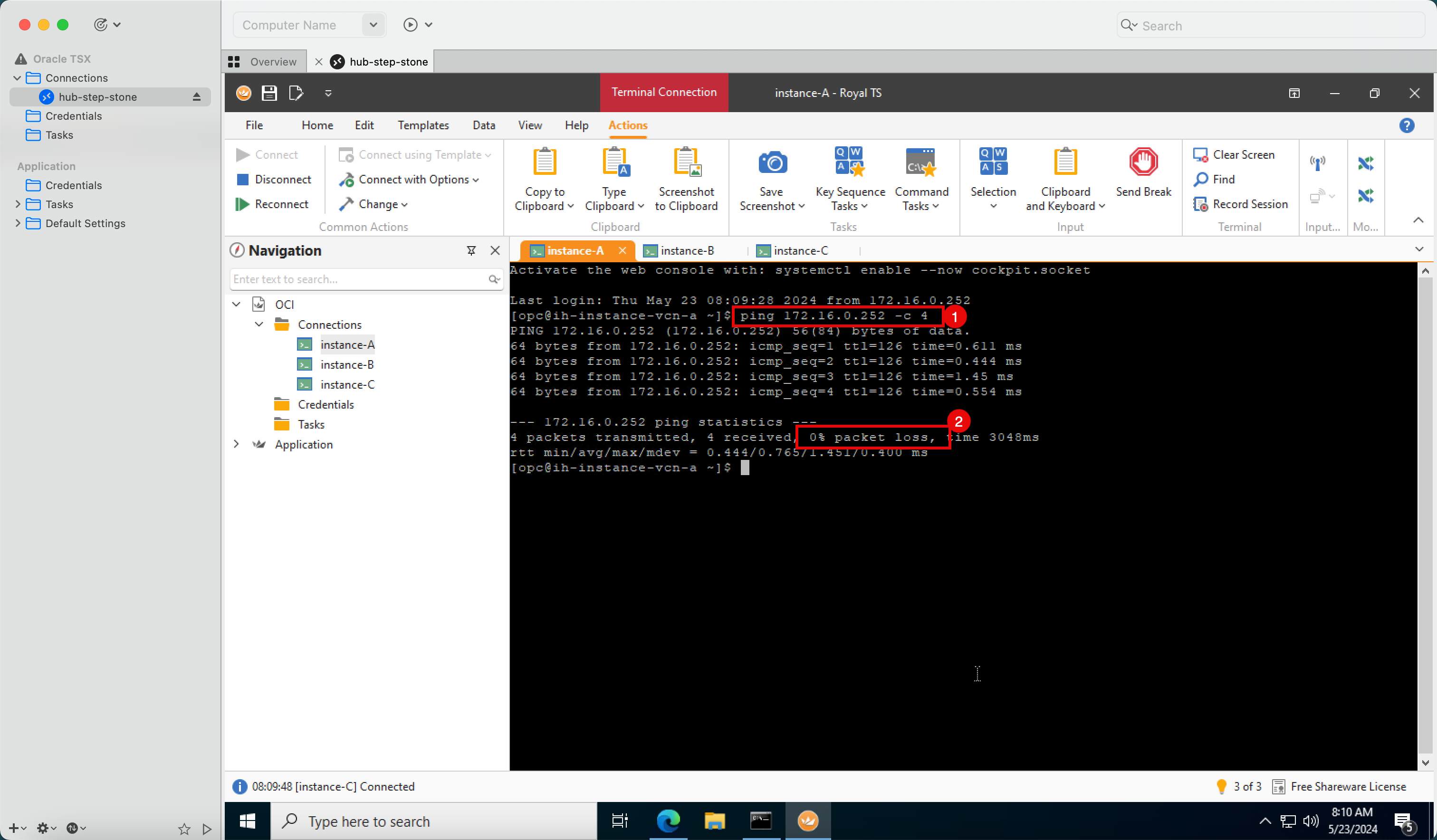

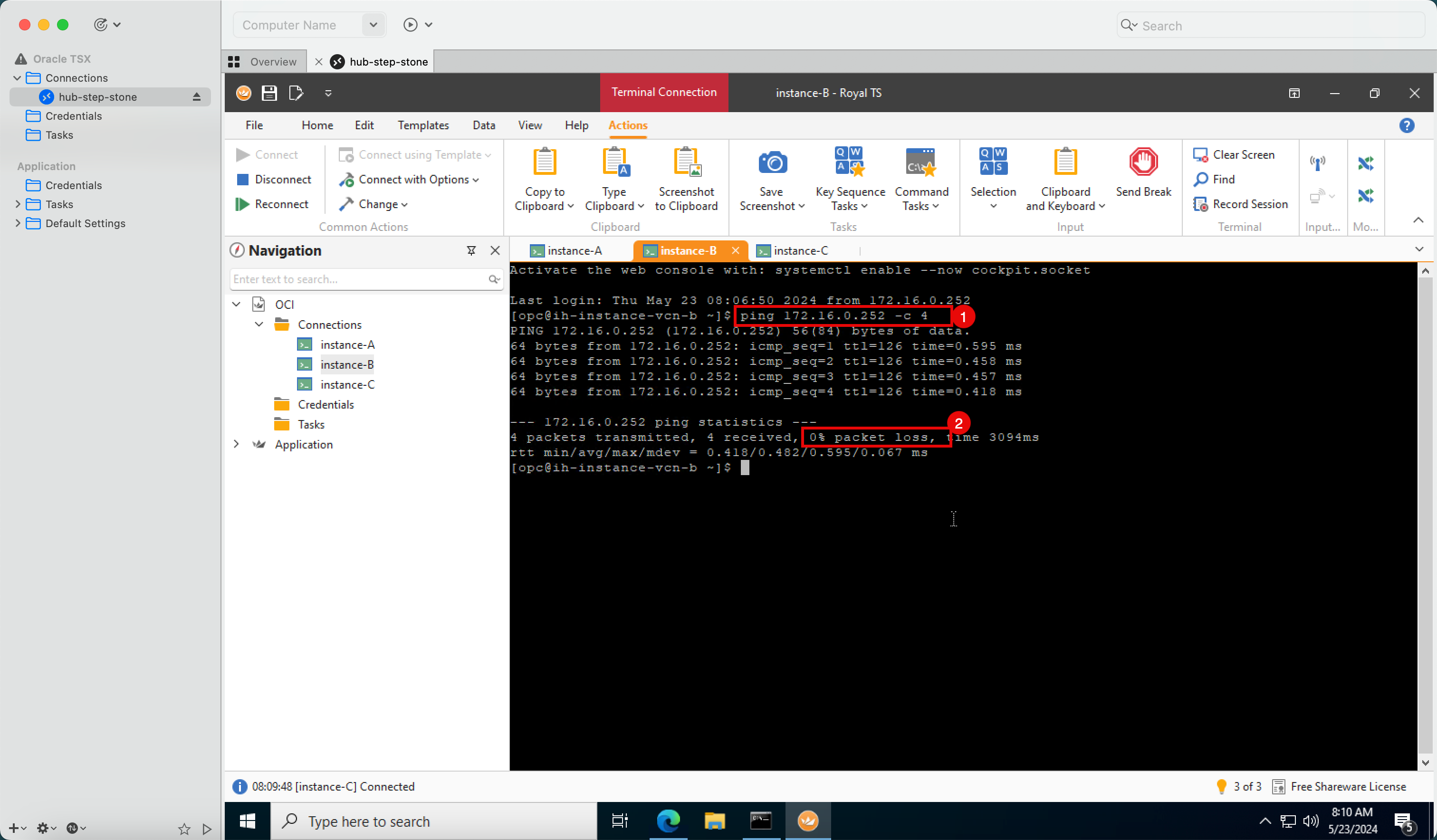

タスク8.4: スポークVCNからハブVCNへのPing

これで、スポークからの安定した接続により、スポークVCNインスタンスからいくつかのpingテストを実行できます。

-

ルーティング構成のため:

- トラフィックがDRGに送信されます。

- DRGは、トラフィックをpfSenseファイアウォールにルーティングします。

- pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはハブステップストーンにルーティングされます。

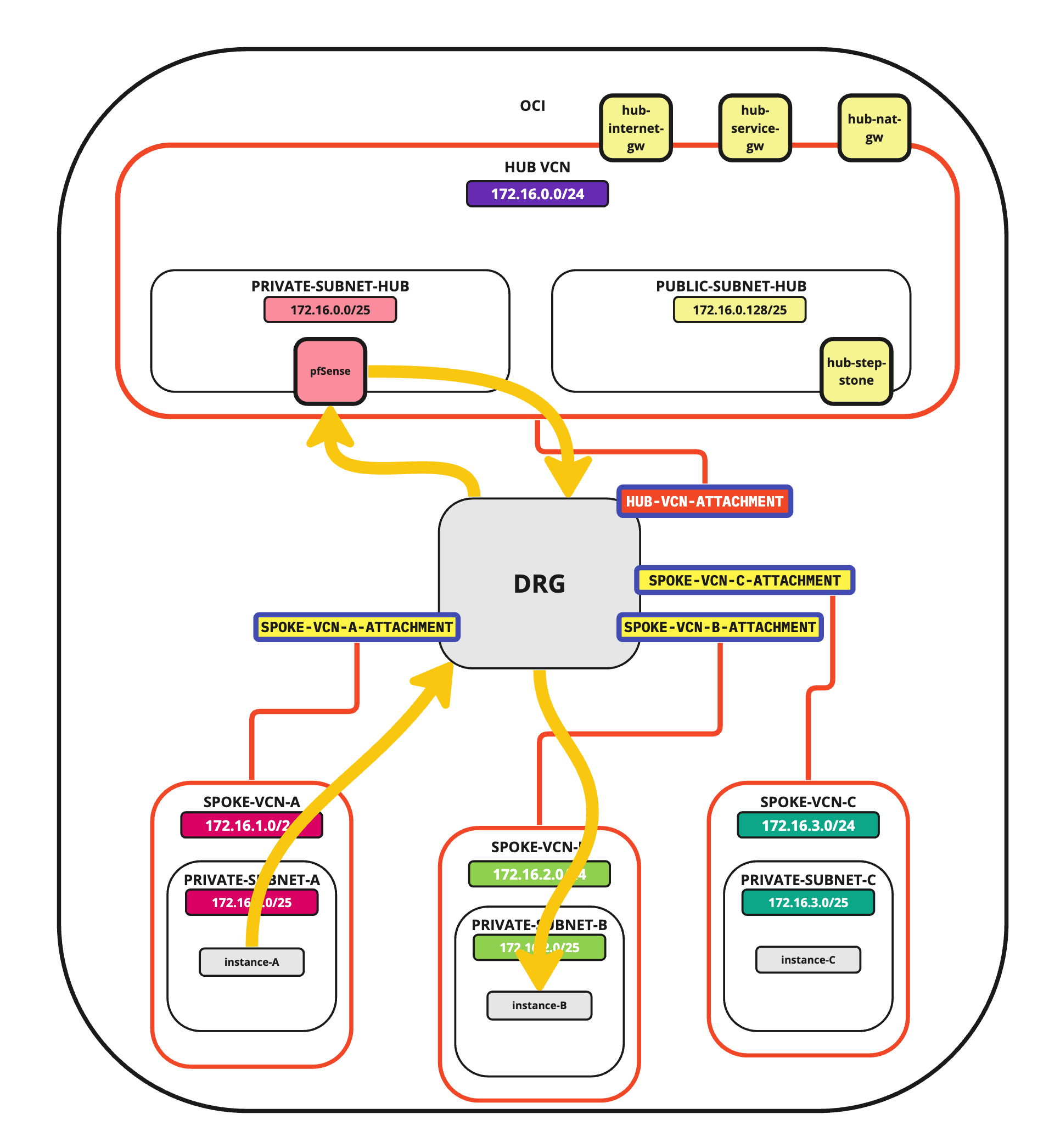

- スポークA VCNインスタンスからハブ・ステップ・ストーンへのpingを実行します。

- パケット損失が0%であるため、pingは成功します。

- スポークB VCNインスタンスからハブ・ステップ・ストーンへのpingを実行します。

- パケット損失が0%であるため、pingは成功します。

- スポークC VCNインスタンスからハブ・ステップ・ストーンへのpingを実行します。

- パケット損失が0%であるため、pingは成功します。

タスク8.5: スポークVCN AからスポークVCN BへのPing

もう1つのpingテストは、あるスポークから別のスポークにすることです。

-

ルーティング構成のため:

- トラフィックは、スポークVCN AからDRGに送信されます。

- DRGは、トラフィックをpfSenseファイアウォールにルーティングします。

- pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはDRGにルーティングされます

- DRGは、トラフィックをスポークVCN Bにルーティングします。

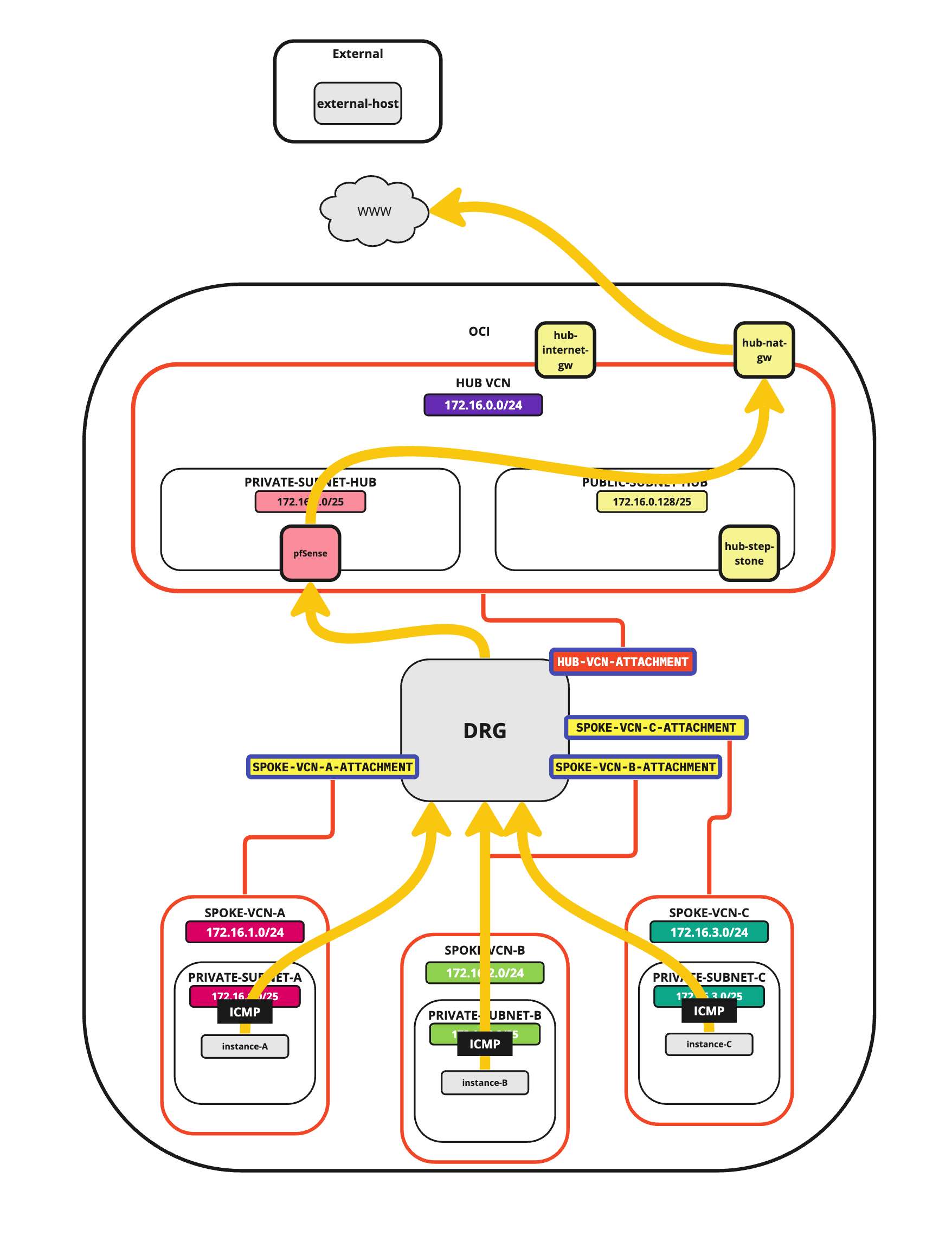

- スポークA VCNインスタンスからスポークB VCNインスタンスにpingを実行します。

- パケット損失が0%であるため、pingは成功します。

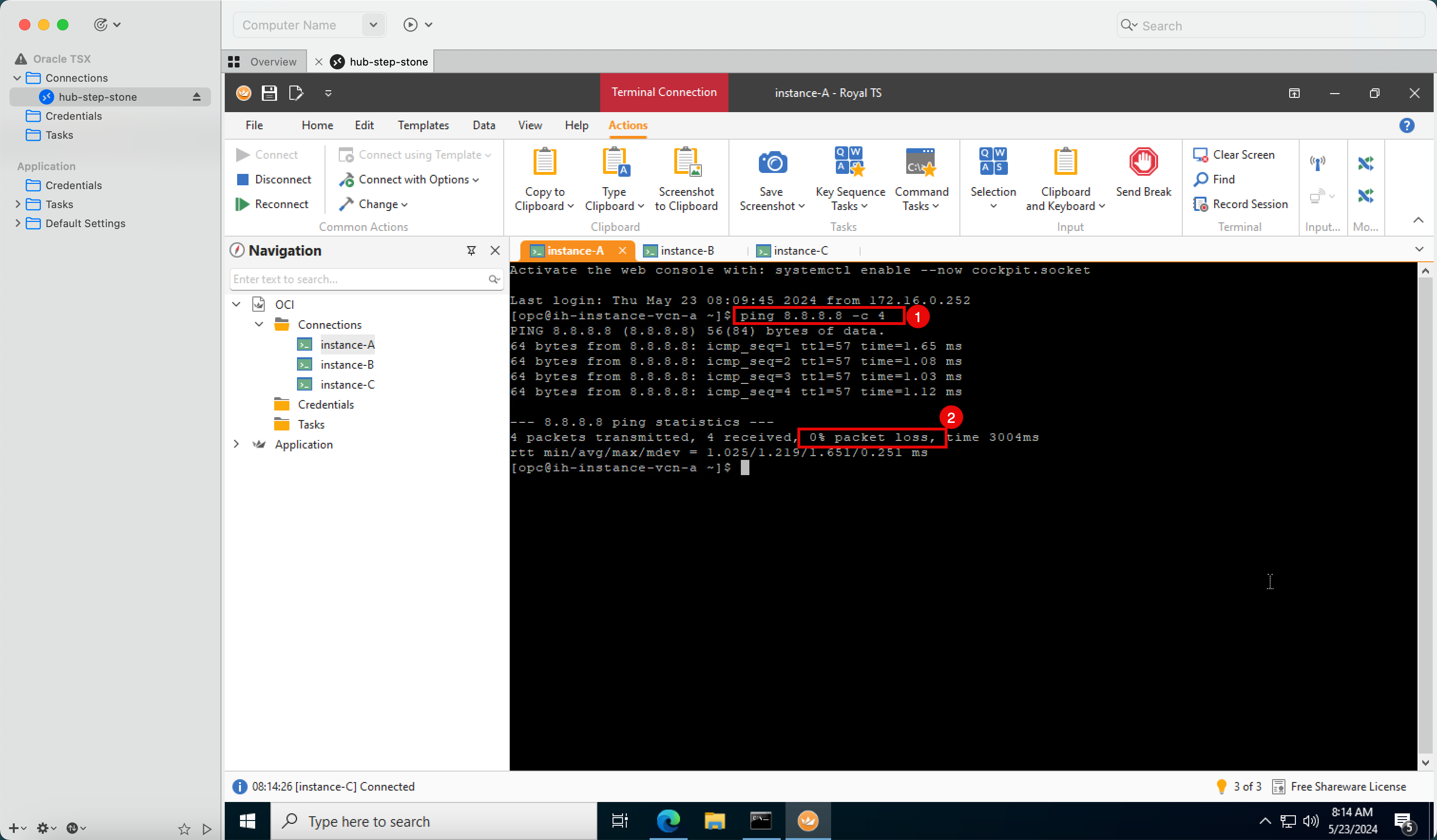

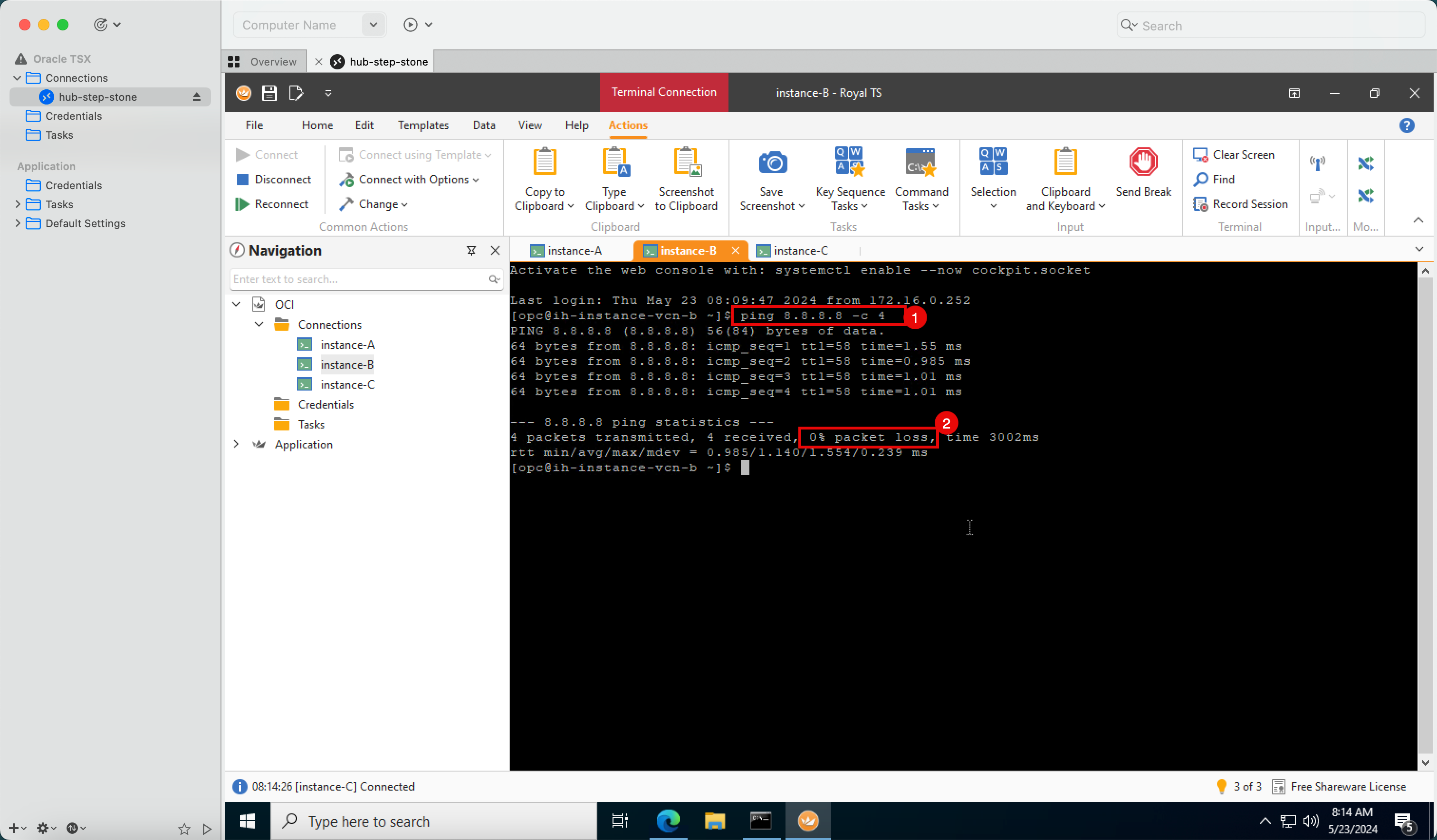

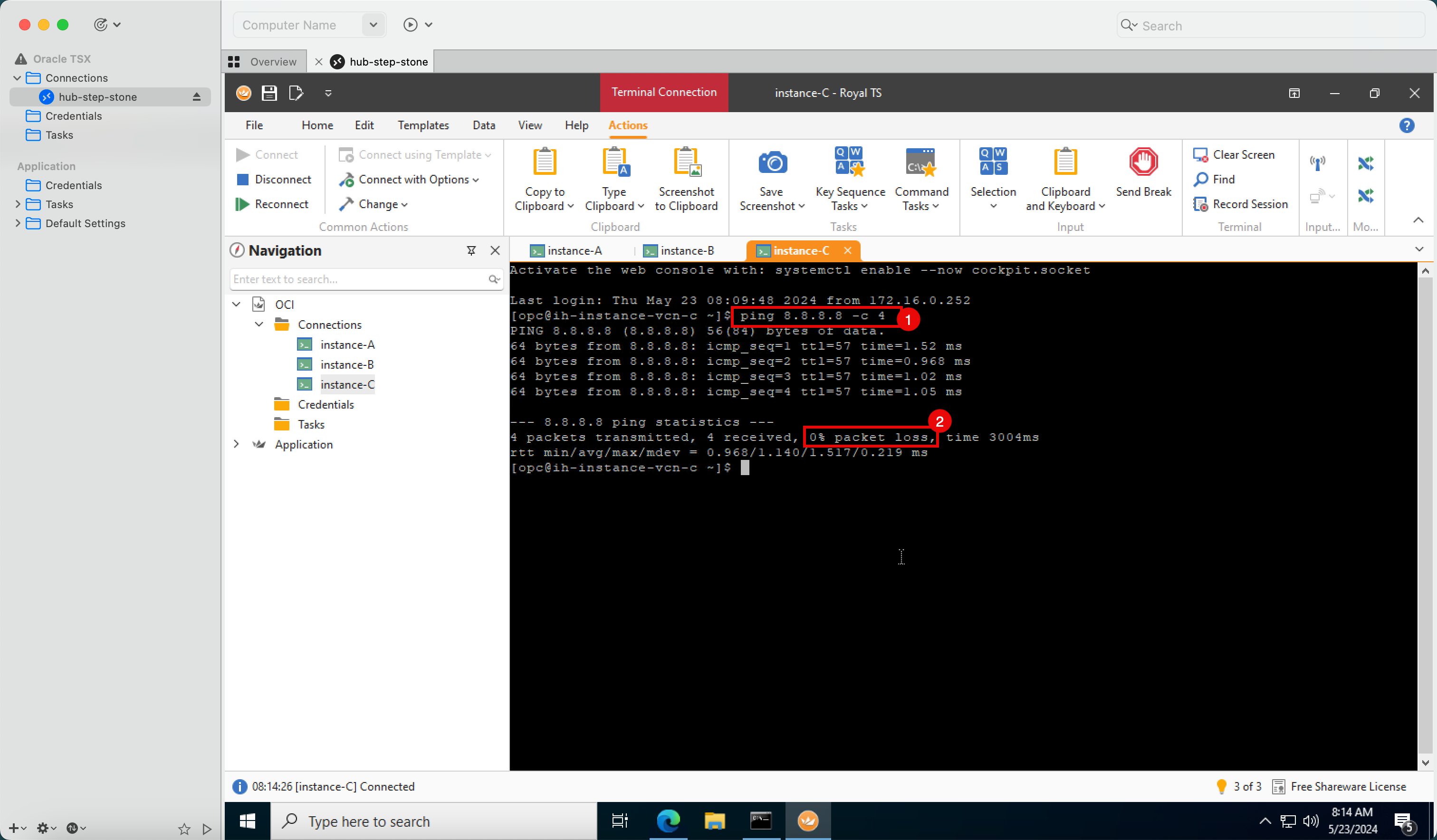

タスク8.6: スポークVCNからインターネットへのPing

スポークVCNインスタンスからインターネットへのいくつかのpingテストを実行します。

-

ルーティング構成のため:

- トラフィックがDRGに送信されます。

- DRGは、トラフィックをpfSenseファイアウォールにルーティングします。

- pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはNATゲートウェイにルーティングされます。

- NATゲートウェイは、トラフィックをインターネットにルーティングします。

- スポークA VCNインスタンスから、GoogleのDNSサーバー

8.8.8.8にpingを実行します。 - パケット損失が0%であるため、pingは成功します。

- スポークB VCNインスタンスから、GoogleのDNSサーバー

8.8.8.8にpingを実行します。 - パケット損失が0%であるため、pingは成功します。

- スポークC VCNインスタンスから、GoogleのDNSサーバー

8.8.8.8にpingを実行します。 - パケット損失が0%であるため、pingは成功します。

タスク8.7: スポークVCNからインターネットへの接続

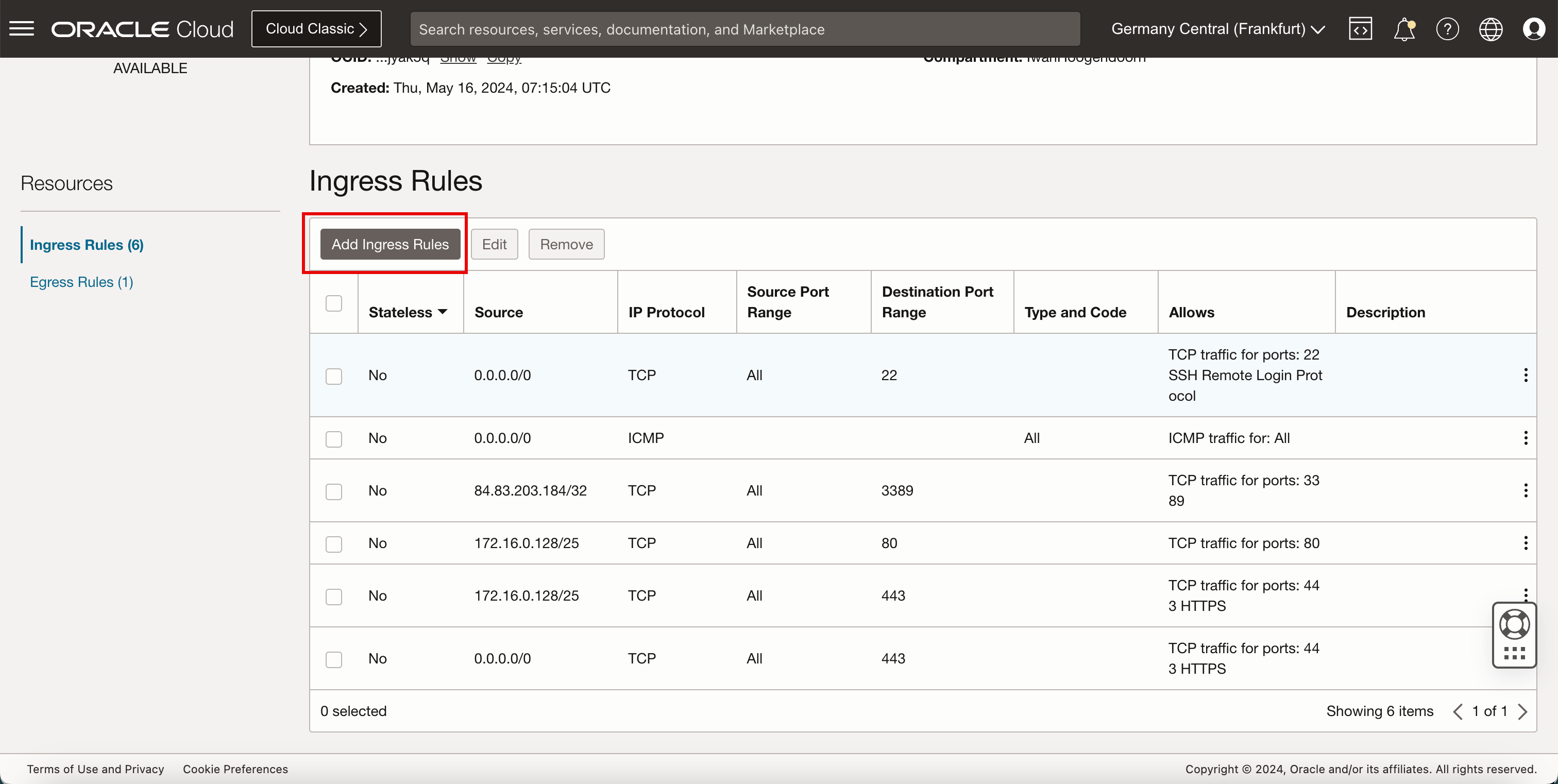

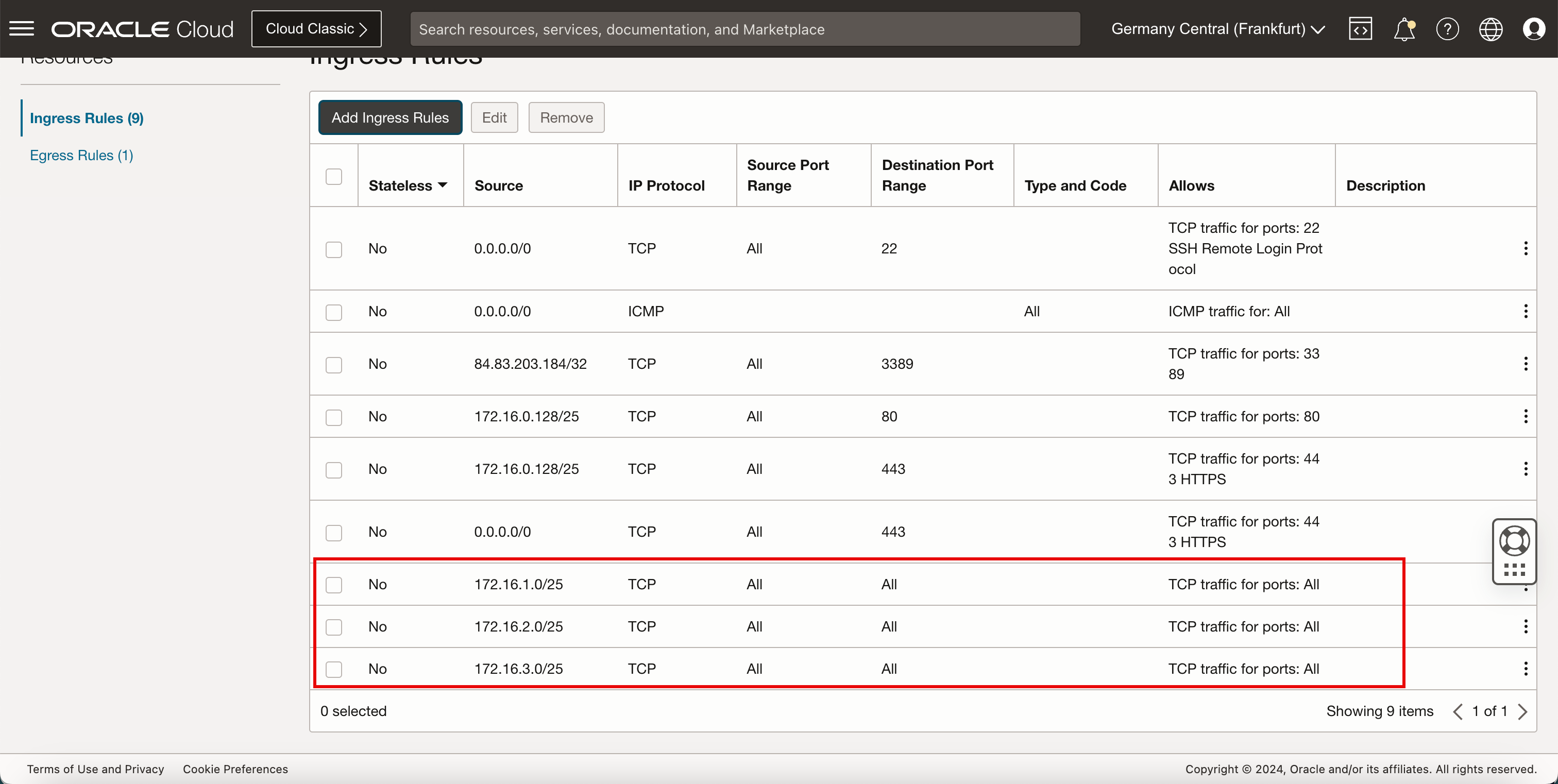

基本的なpingテストを行いました。ファイアウォール検査はpfSenseファイアウォールによって行われ、これが要件でないかぎり、ファイアウォール・セキュリティの複数のレイヤーを持つことは意味がないため、インターネットへのすべてのTCPトラフィックを許可するために、ハブVCNイングレス・セキュリティ・リストを開く必要があります。

ハブVCNセキュリティ・リストの更新

OCIコンソールに移動し、「ネットワーキング」および「仮想クラウドNetworks」をクリックします。

-

「ハブVCN」をクリックします。

- 「セキュリティ・リスト」をクリックします。

- 「Default Security List for HUB-VCN」をクリックします。

-

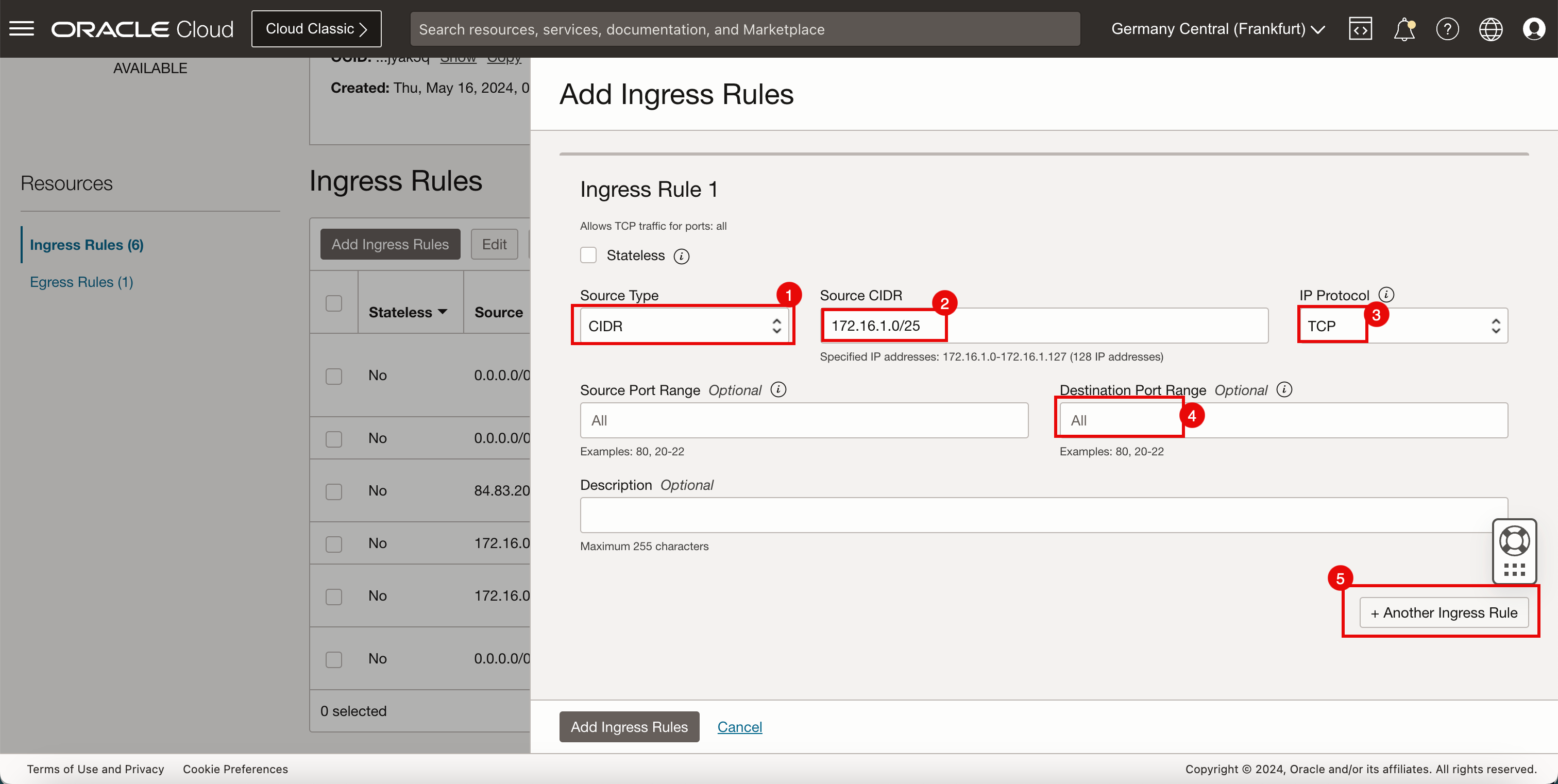

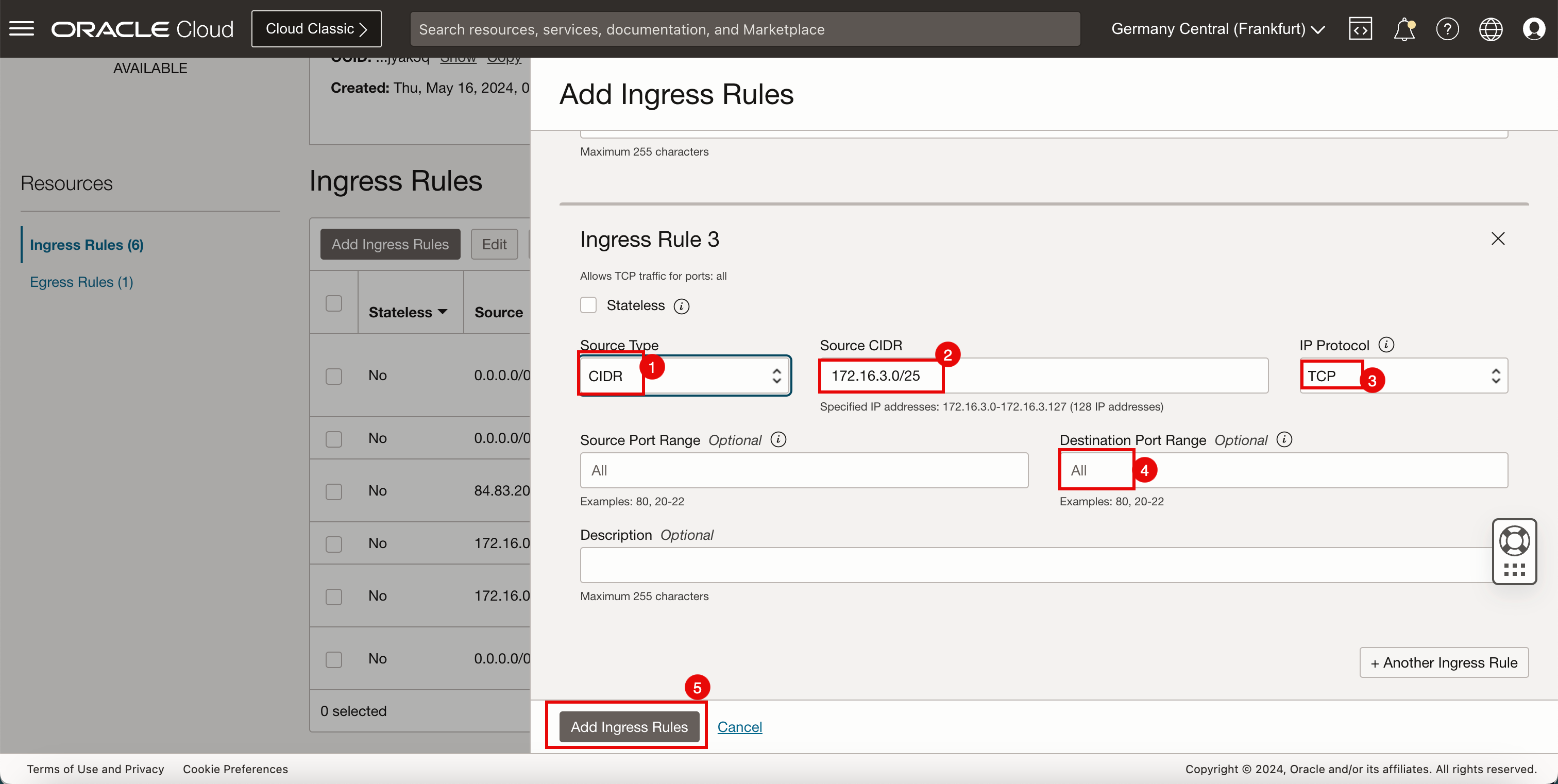

「イングレス・ルールの追加」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

172.16.1.0/25と入力します。 - 「IPプロトコル」で、「TCP」を選択します。

- 「宛先ポート範囲」に、「すべて」と入力します。

- 「+ Another Ingress Rule」をクリックします。

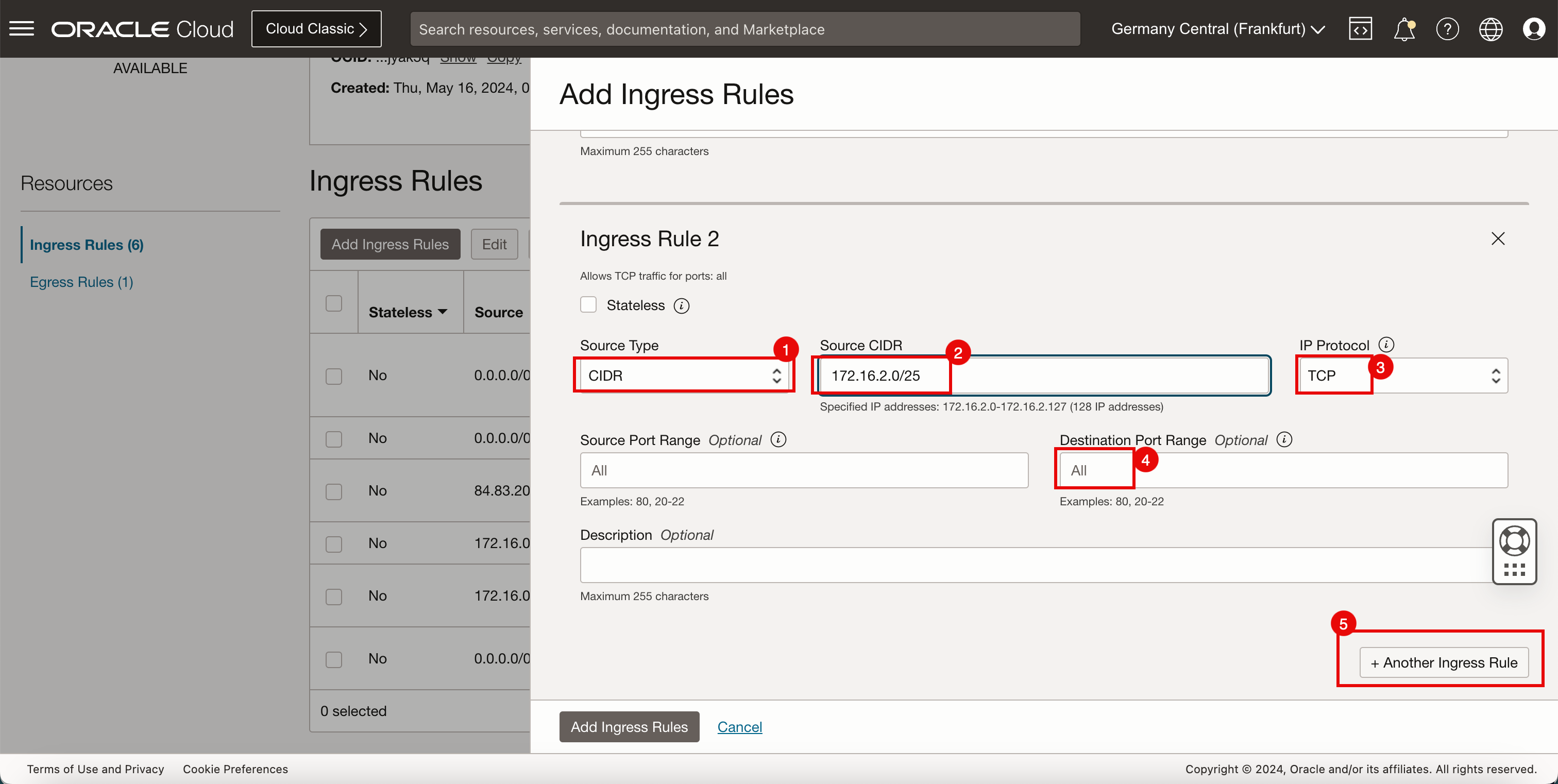

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

172.16.2.0/25と入力します。 - 「IPプロトコル」で、「TCP」を選択します。

- 「宛先ポート範囲」に、「すべて」と入力します。

- 「+ Another Ingress Rule」をクリックします。

- 「ソース・タイプ」で、「CIDR」を選択します。

- 「ソースCIDR」に、

172.16.3.0/25と入力します。 - 「IPプロトコル」で、「TCP」を選択します。

- 「宛先ポート範囲」に、「すべて」と入力します。

- 「+ Another Ingress Rule」をクリックします。

-

すべてのルールが存在することに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

pfSenseファイアウォールを検証します

-

テストを容易にするために、すべてのトラフィックを許可するルールをpfSenseファイアウォールに追加しました。

-

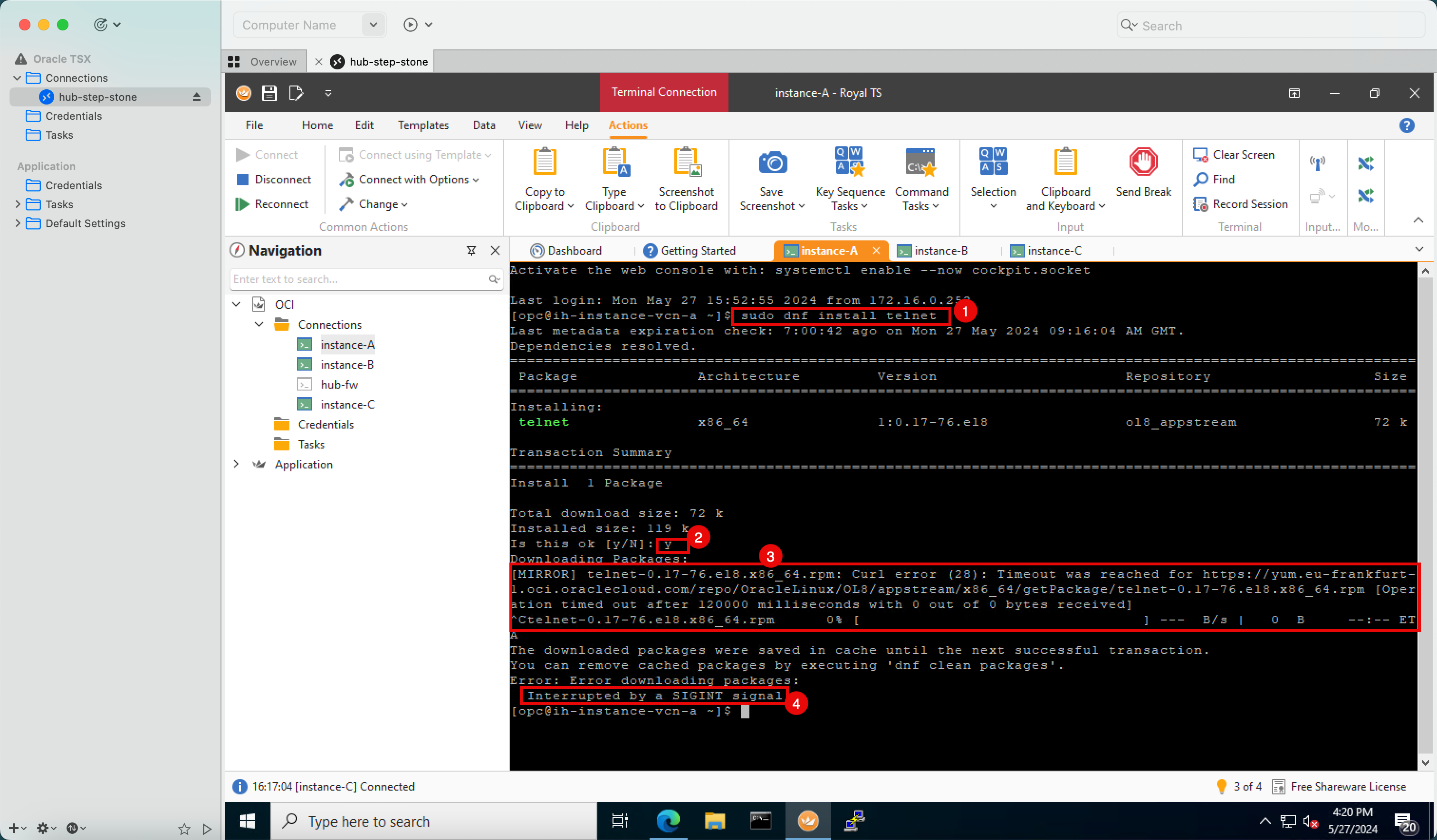

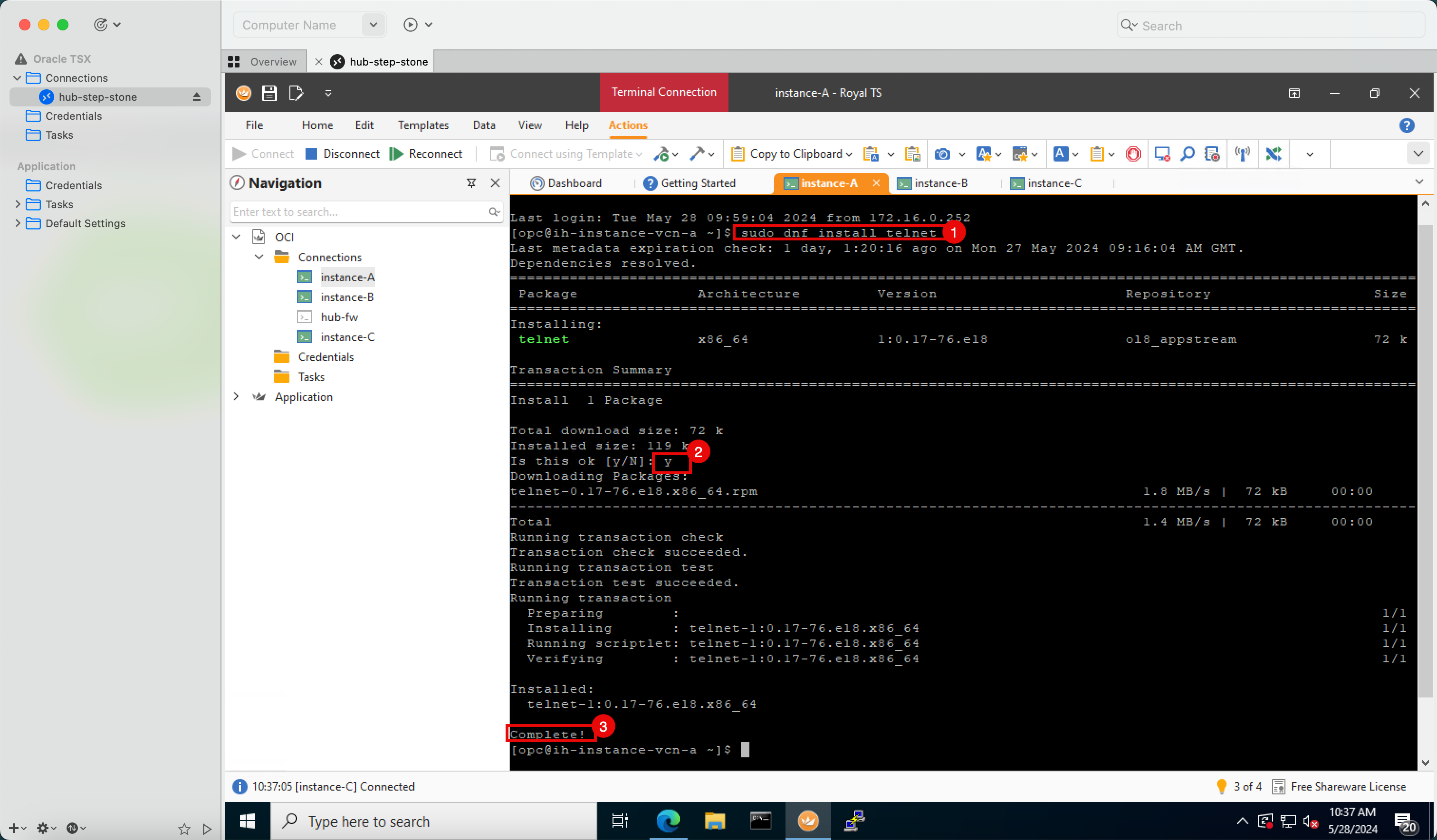

TelnetというスポークVCN Aインスタンスに単純なアプリケーションをインストールしましょう。

sudo dnf install telnetコマンドを実行して、スポークVCN AインスタンスにTelnetをインストールします。- 「Is this ok」に、Yと入力します。

- 接続がタイムアウトしていることを確認します。

- [CTRL]+[C]をクリックして、リクエストを停止します。

Oracle Linuxに基づくソフトウェアのインストールとアップグレード、またはコンピュート・インスタンスは、インターネットを介して行われません。

Oracle Linuxインスタンスにソフトウェアをインストールする場合、Oracleではソフトウェア・リポジトリからのみこれを実行でき、これらはサービス・ゲートウェイを使用してアクセス可能です。

次のタスクと最後のタスクは、サービス・ゲートウェイを作成し、その新しいサービス・ゲートウェイを介してOracleサービスのトラフィックをルーティングするようにルーティングを構成することです。

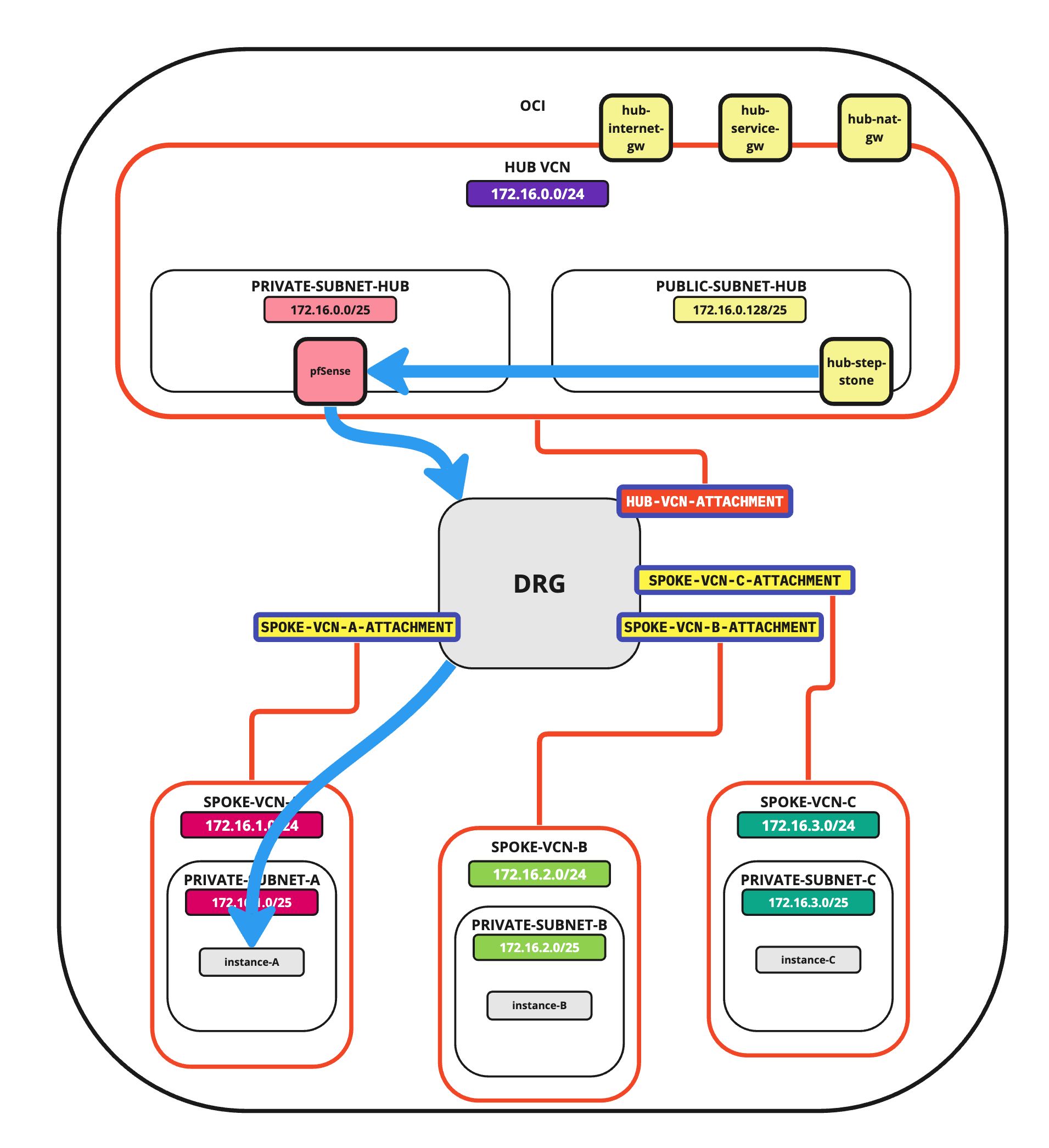

タスク8.8: Linuxインスタンスによるサービス・ゲートウェイを使用したソフトウェアのインストールおよび更新の許可

OCIサービスのルーティングはまだ構成されていません。

-

ルーティングを構成した後:

- トラフィックがDRGに送信されます。

- その後、DRGはトラフィックをサービス・ゲートウェイにルーティングします。

- また、サービス・ゲートウェイはトラフィックをOCIサービス・ネットワークにルーティングします。

-

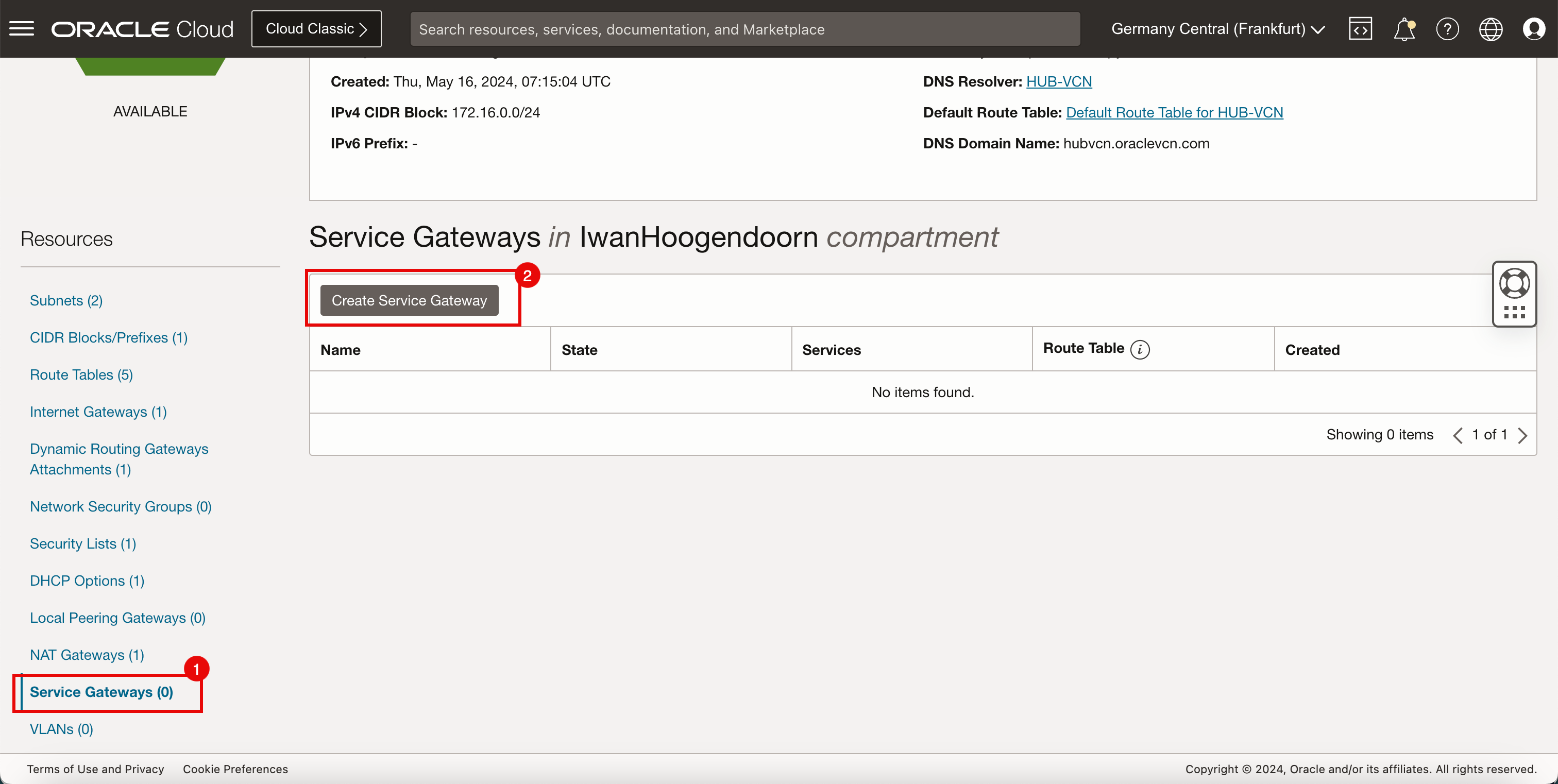

ルーティングを構成するには、OCIコンソールに移動し、左上隅にあるハンバーガー・メニューの「ネットワーキング」および「仮想クラウドNetworks」をクリックします。

-

「ハブVCN」をクリックします。

- 「サービス・ゲートウェイ」をクリックします。

- 「サービス・ゲートウェイの作成」をクリックします。

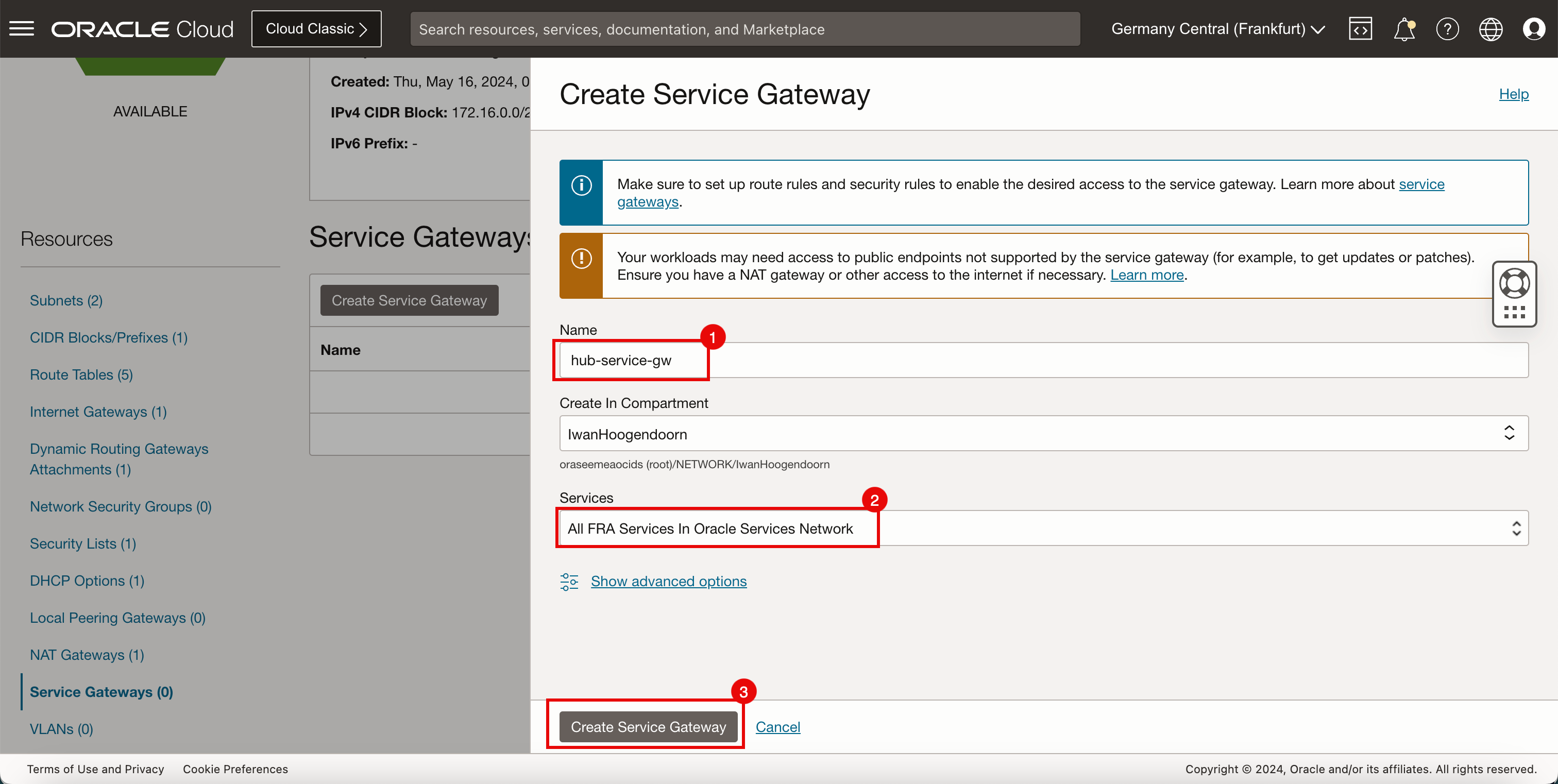

- サービス・ゲートウェイの「名前」を入力します。

- 「サービス」で、「Oracle Services Networkのすべてのサービス」を選択します。

- 「サービス・ゲートウェイの作成」をクリックします。

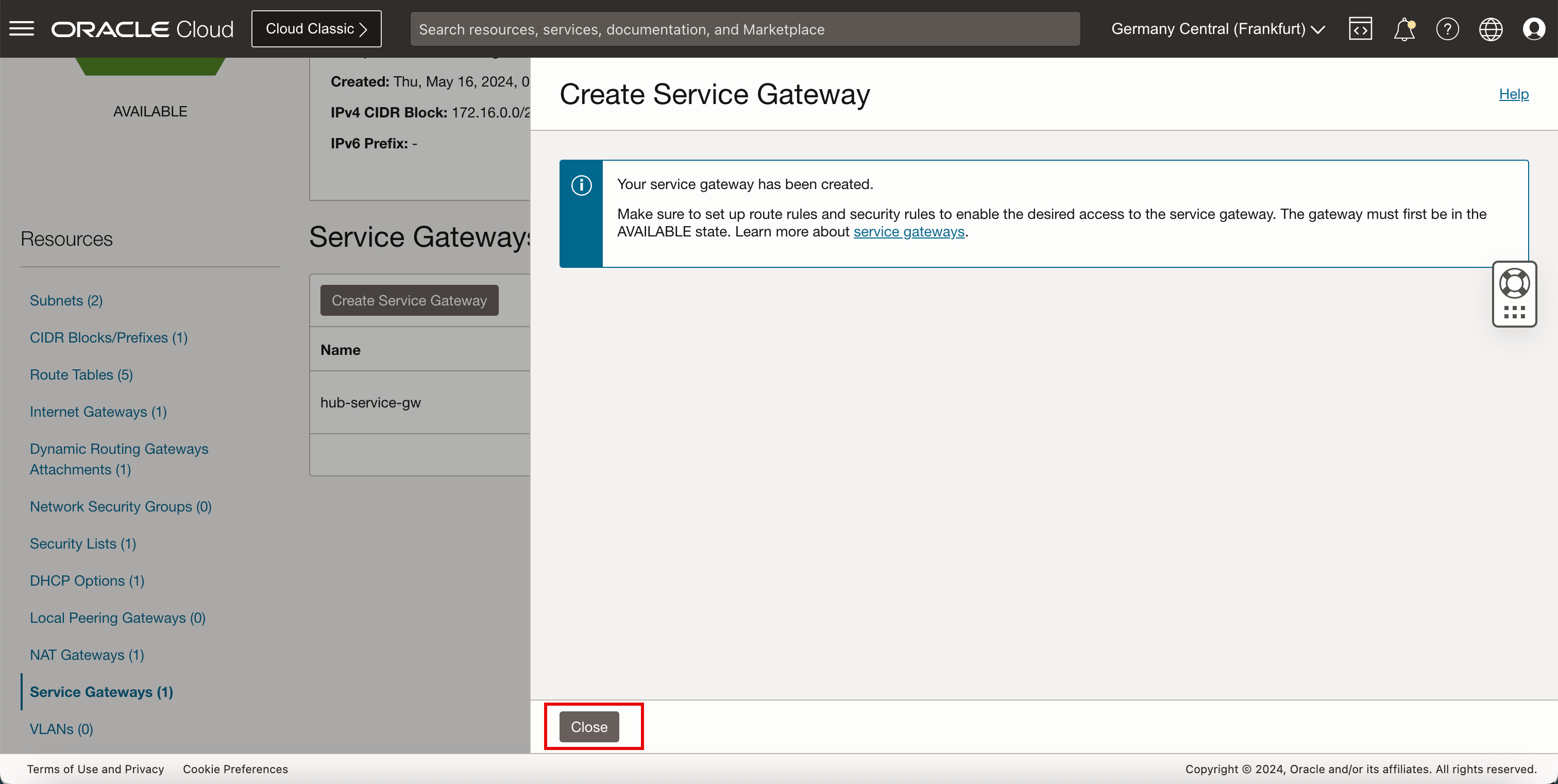

-

「閉じる」をクリックします。

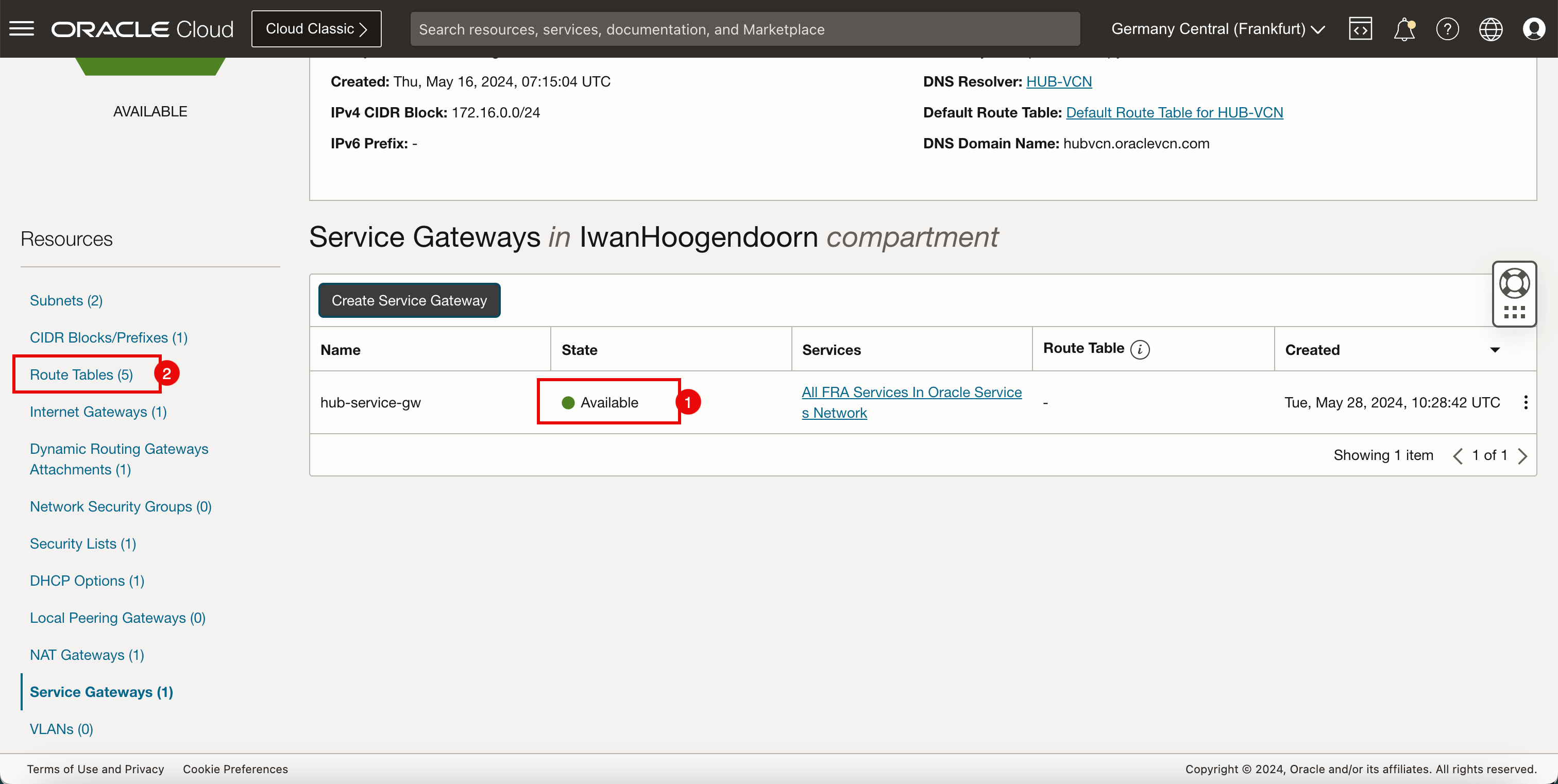

- サービス・ゲートウェイが使用可能であることに注意してください。

- 「ルート表」をクリックします。

-

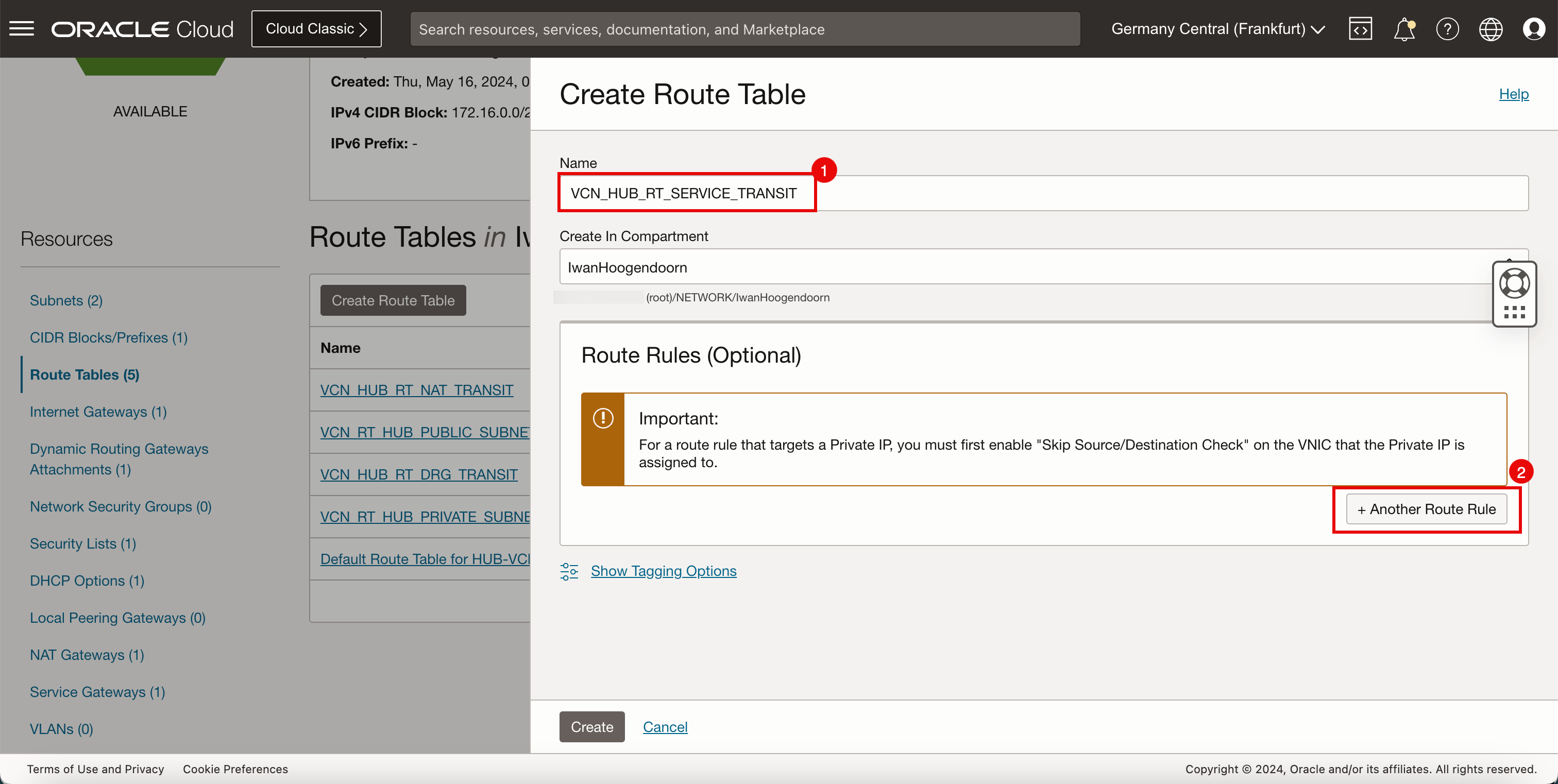

次の図は、これまでに作成したものを視覚的に示したものです。

-

ハブVCNにルート表(

VCN_HUB_RT_SERVICE_TRANSIT)を作成します。宛先 ターゲット・タイプ Target ルート・タイプ 172.16.1.0/24 動的ルーティング・ゲートウェイ DRG 静的 172.16.2.0/24 動的ルーティング・ゲートウェイ DRG 静的 172.16.3.0/24 動的ルーティング・ゲートウェイ DRG 静的 -

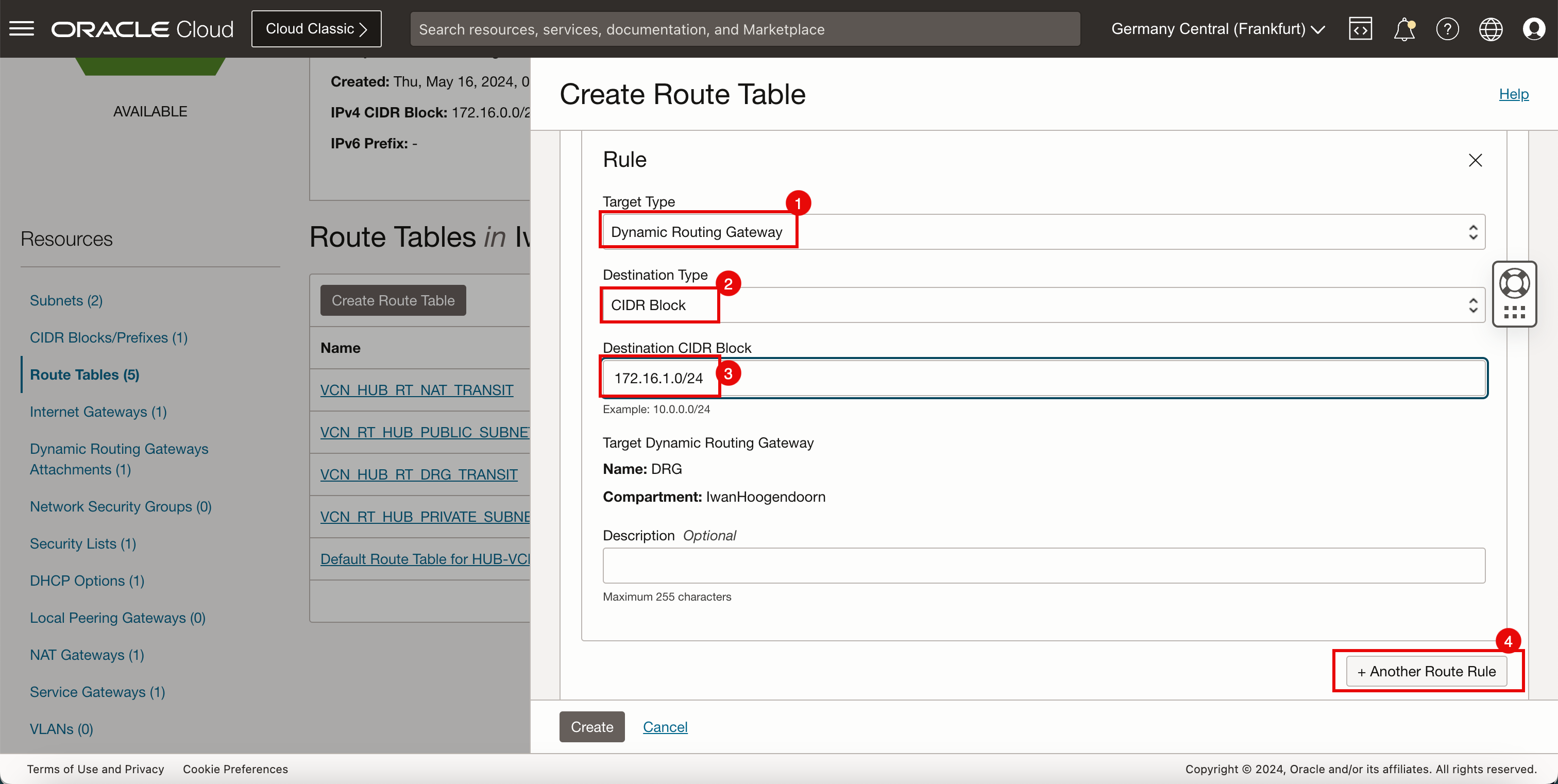

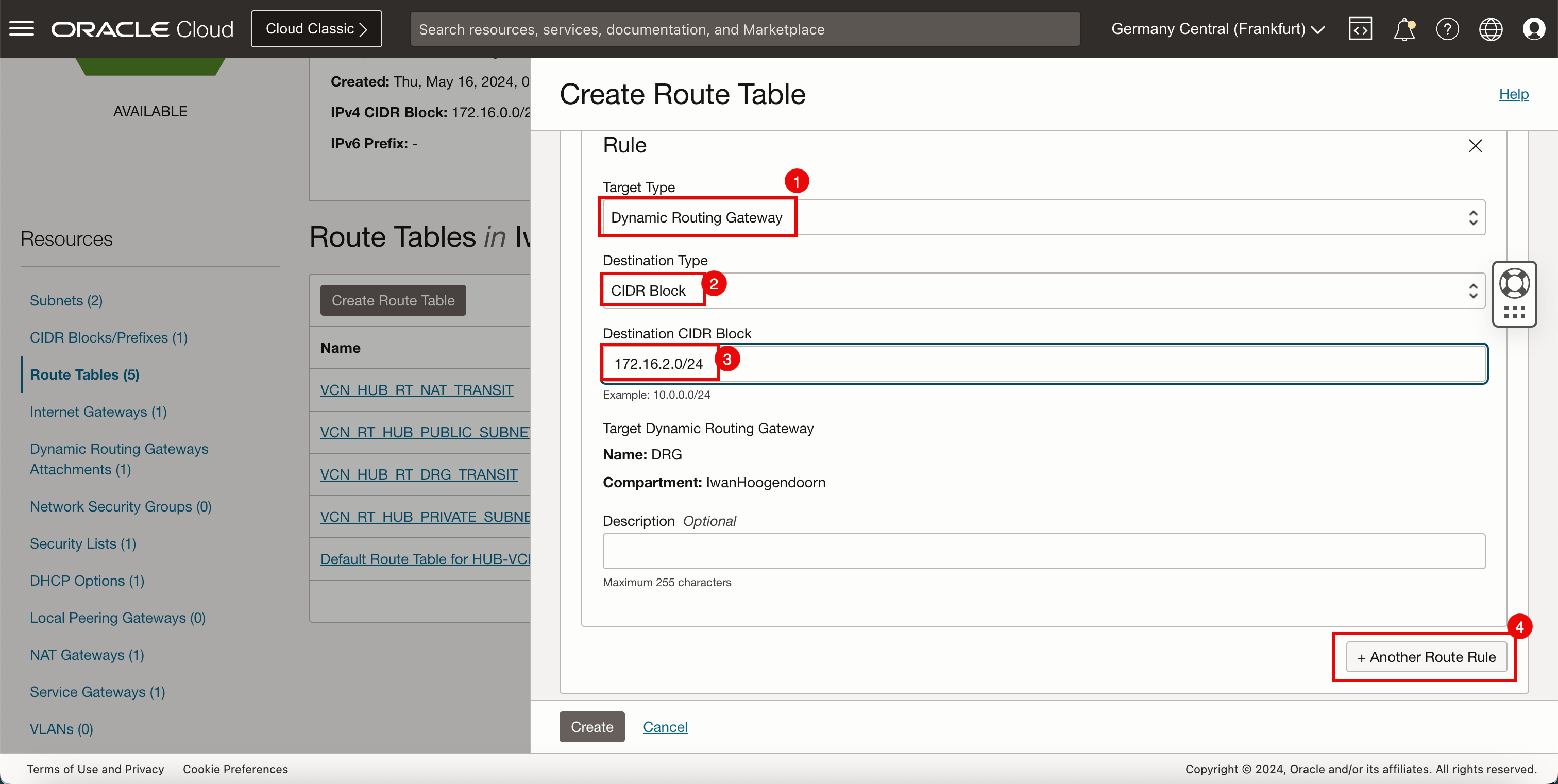

「ルート表の作成」をクリックします。

- パブリック・サブネットの新しいハブVCNルート表の名前を入力します。

- 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.1.0/24と入力します。 - 「+別のルート・ルール」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.2.0/24と入力します。 - 「+別のルート・ルール」をクリックします。

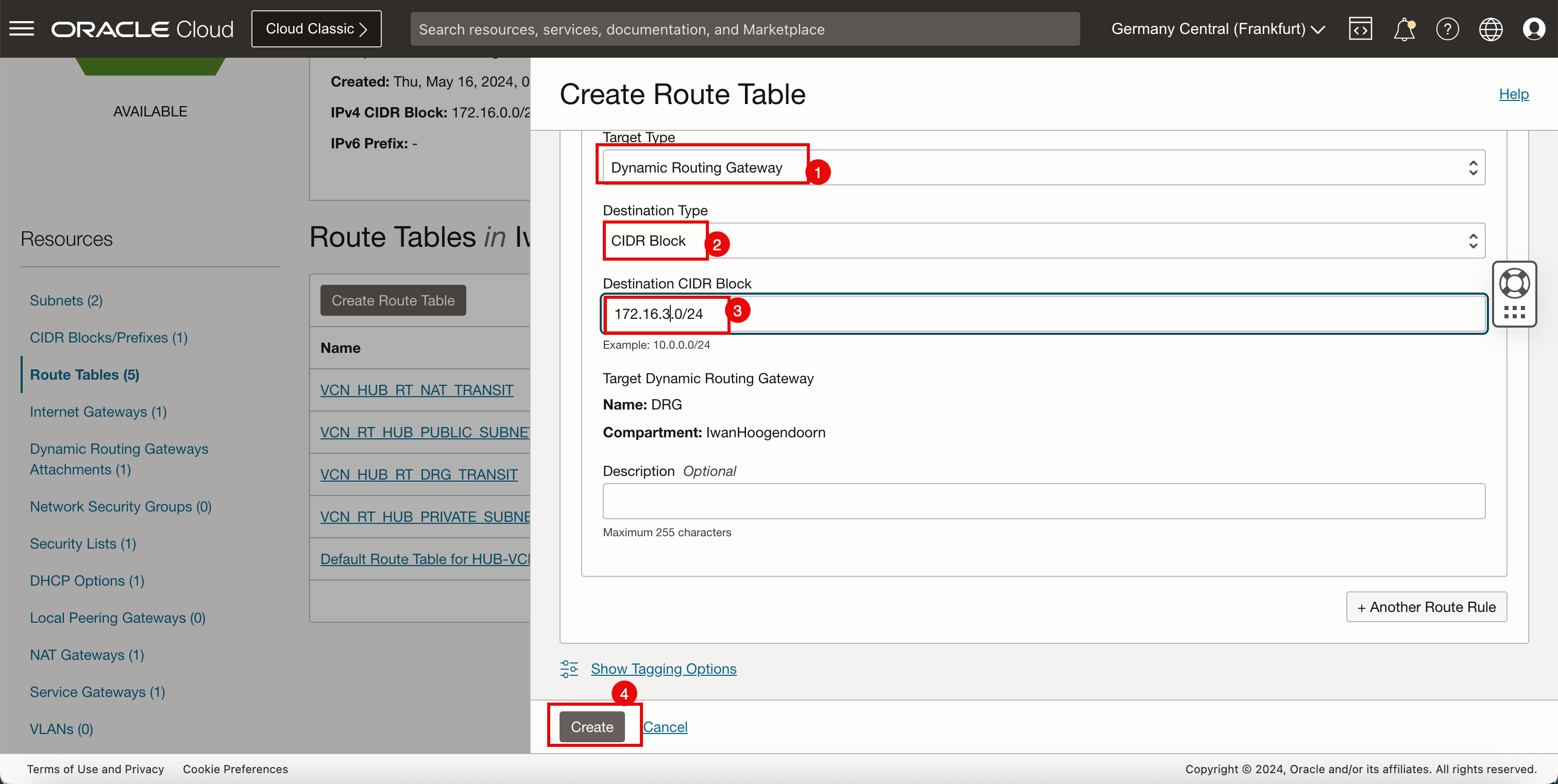

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「CIDRブロック」を選択します。

- 「宛先CIDRブロック」に、

172.16.3.0/24と入力します。 - 「+別のルート・ルール」をクリックします。

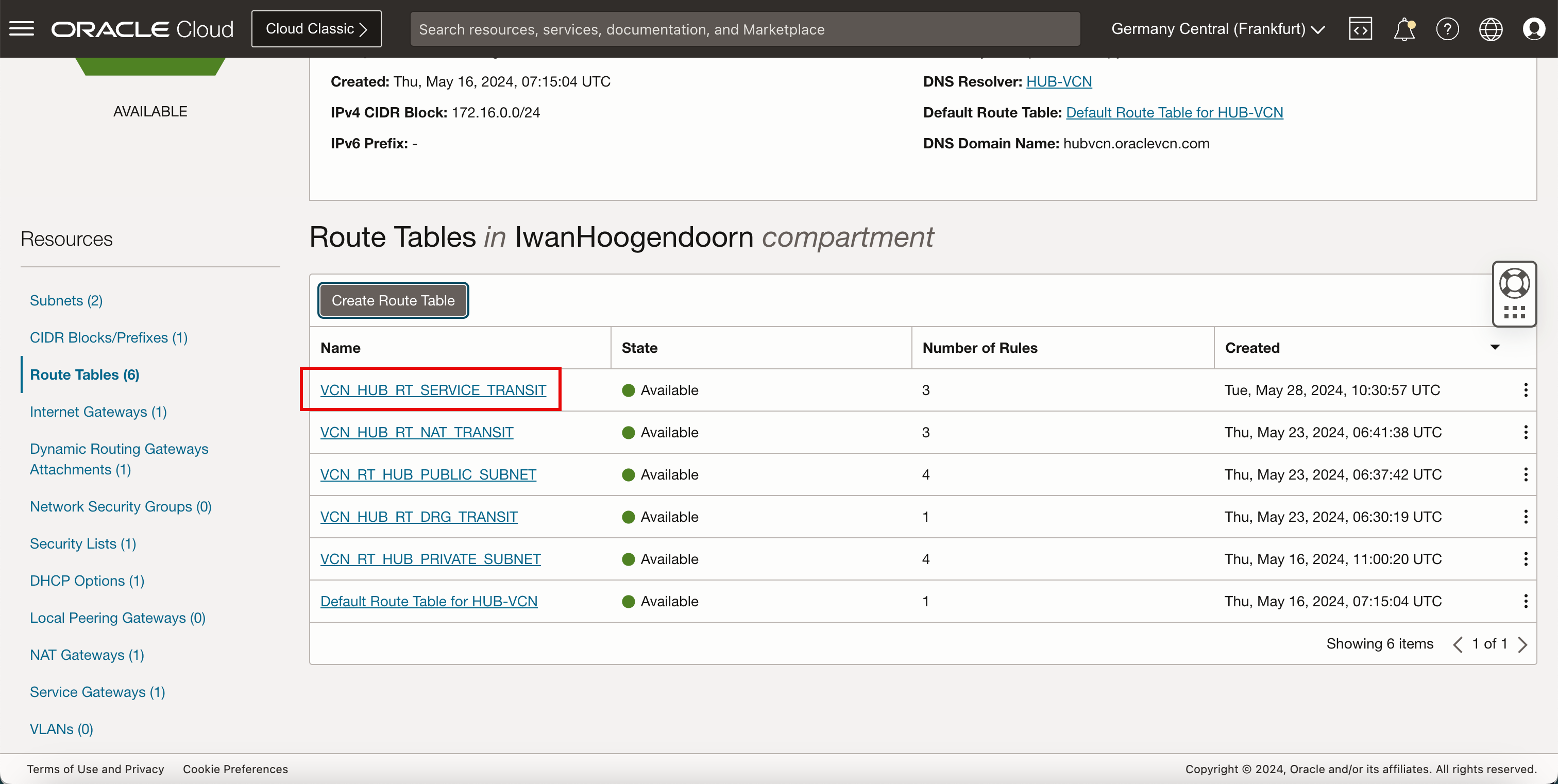

- サービス・ゲートウェイのルート表が作成されることに注意してください。ルート表名をクリックします。

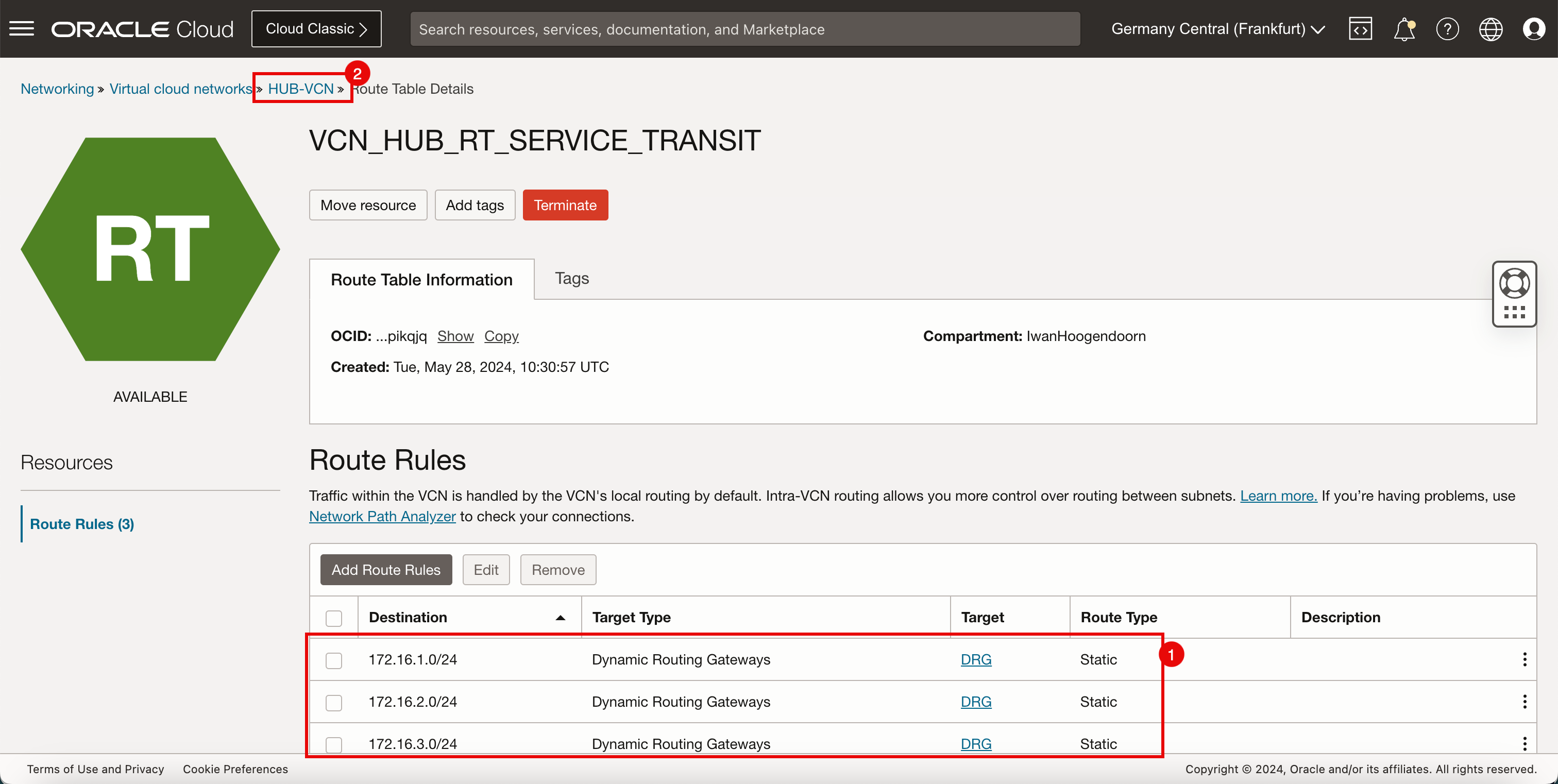

- サービス・ゲートウェイ・ルーティング表のすべてのルート・ルールに注意してください。

- 「ハブVCN」をクリックして、ハブVCNページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

これで、サービス・ゲートウェイに関連付ける必要がある新しいVCNルート表ができました。

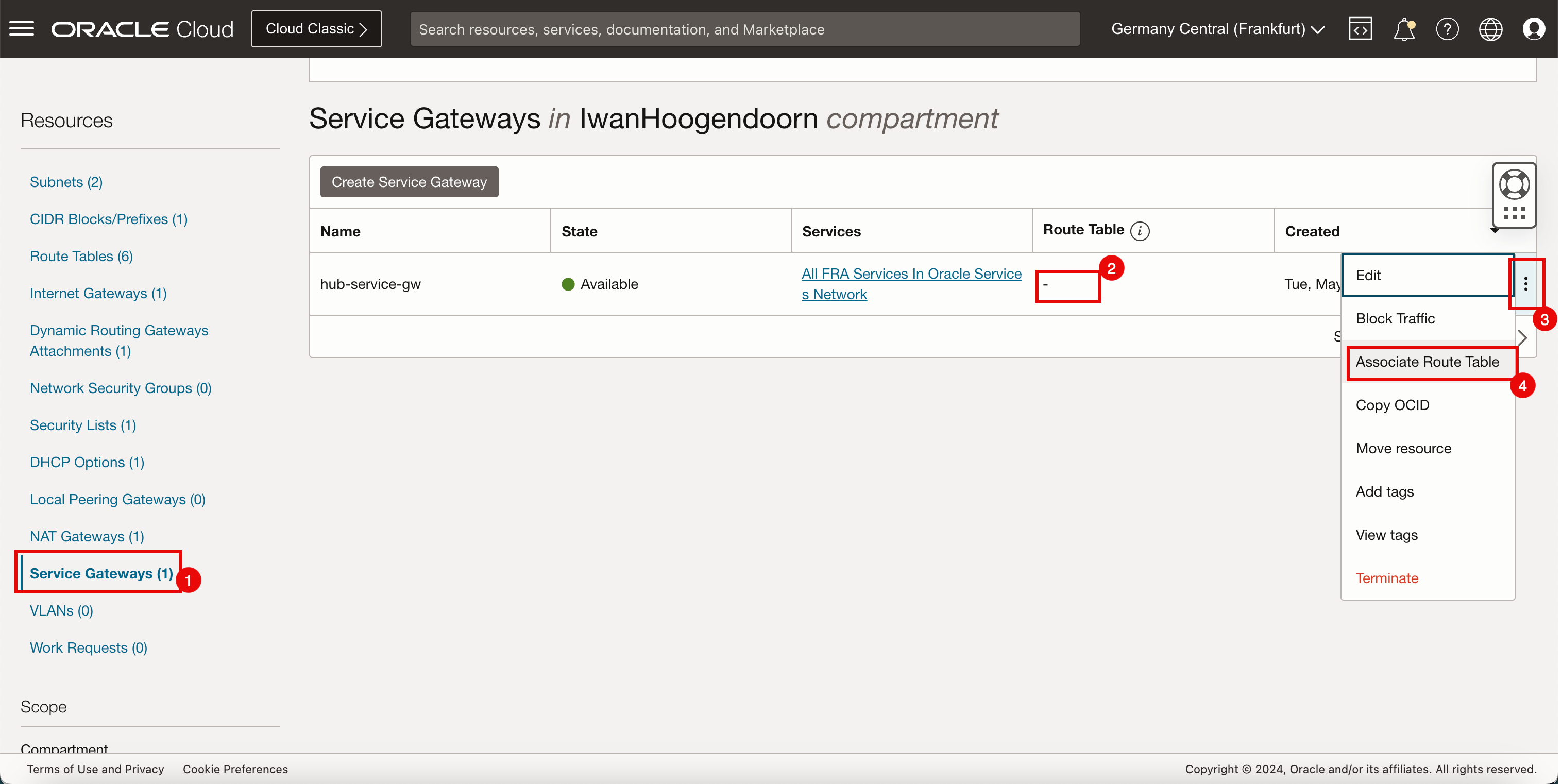

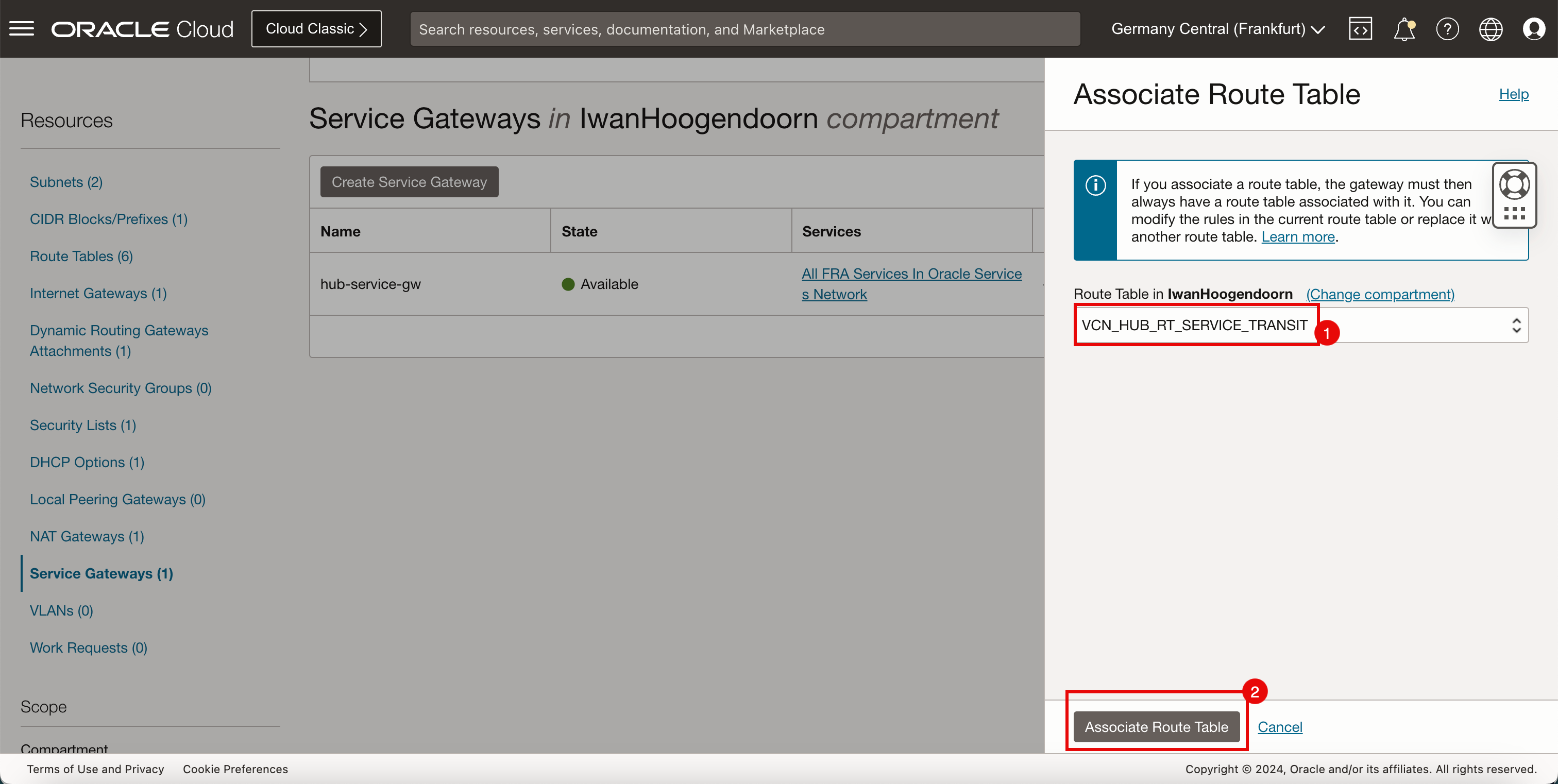

ルーティング情報: (

VCN_HUB_RT_SERVICE_TRANSIT)このVCNルート表は、スポークを宛先とするトラフィックをDRGにルーティングします。- 「サービス・ゲートウェイ」をクリックします。

- サービス・ゲートウェイにはルート表が関連付けられていないことに注意してください。

- 3つのドットをクリックします。

- 「ルート表の関連付け」をクリックします。

- 前に作成したVCNルート表(

VCN_HUB_RT_SERVICE_TRANSIT)を選択します。 - 「ルート表の関連付け」をクリックします。

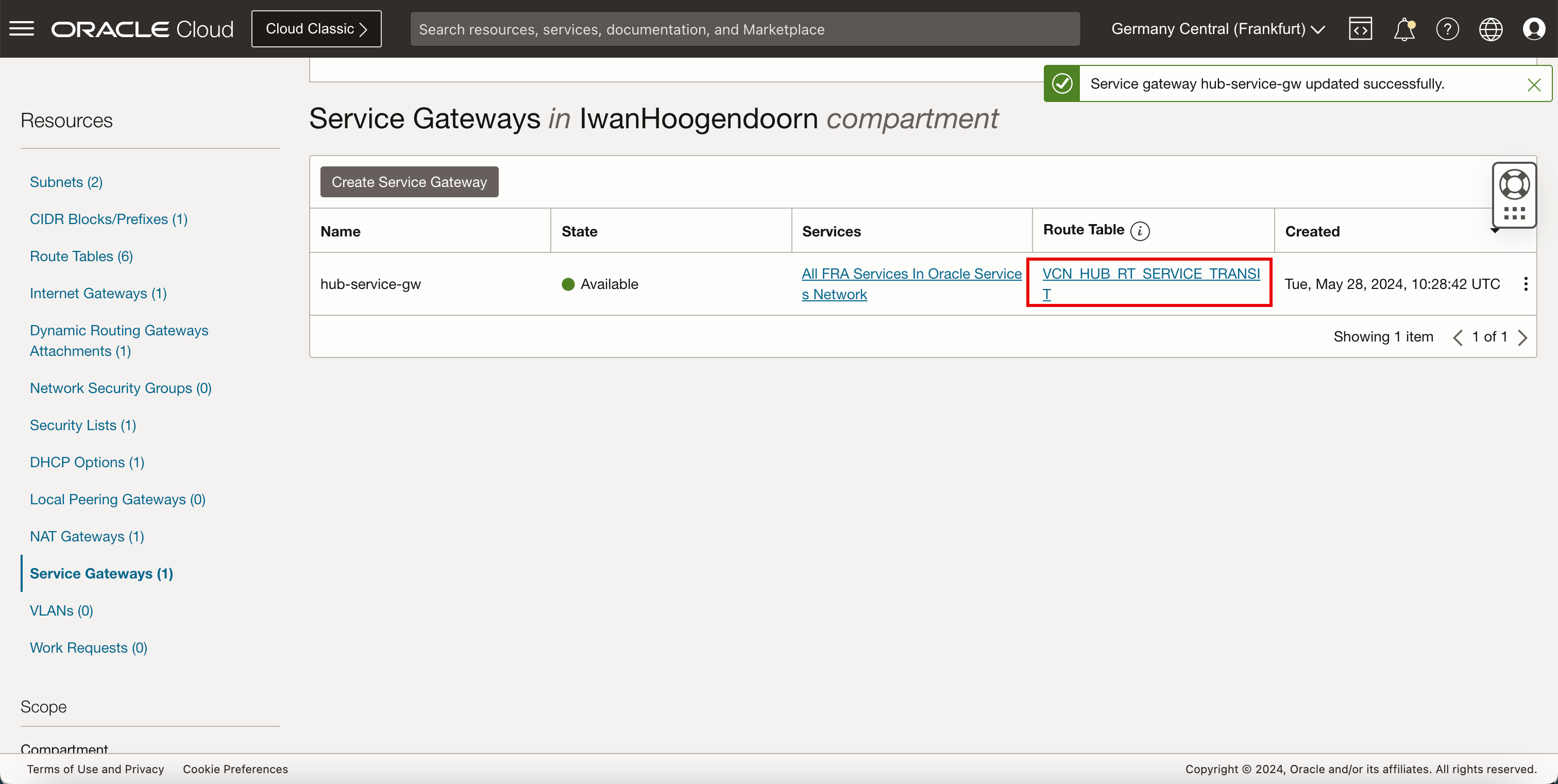

-

新しいVCNルート表がサービス・ゲートウェイでアクティブであることに注意してください。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

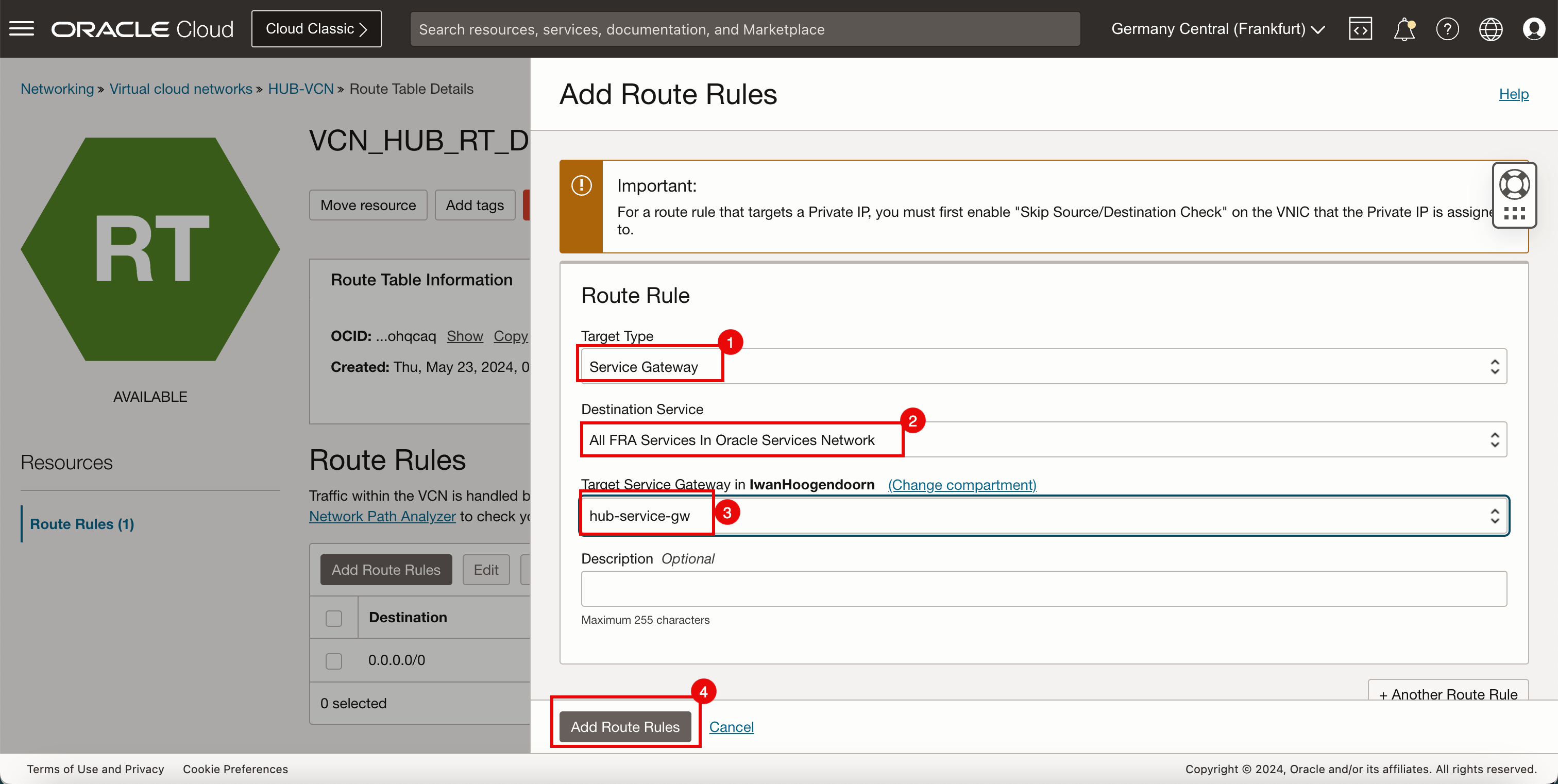

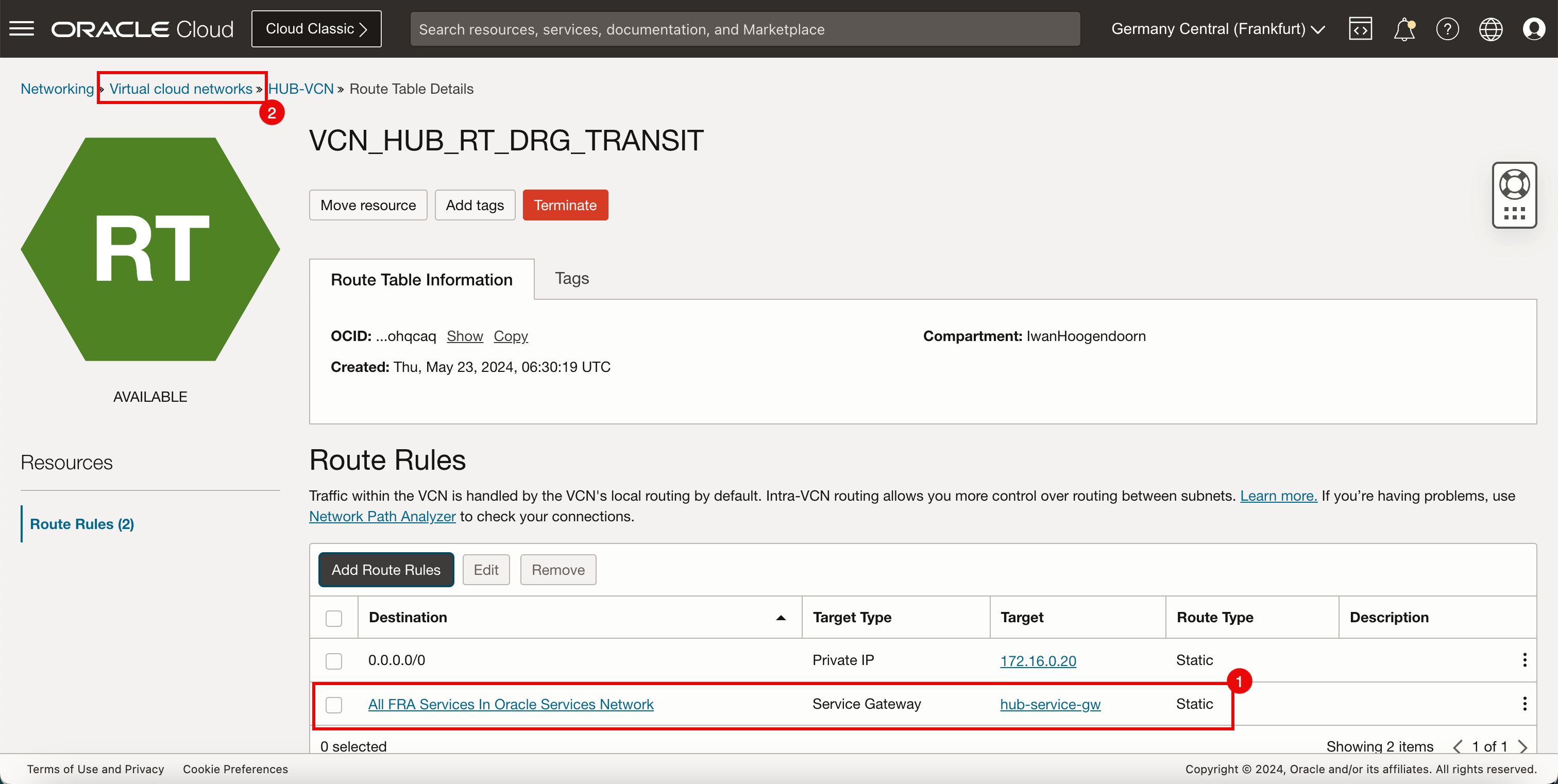

DRGがトラフィックを新しいサービス・ゲートウェイに正しくルーティングすることも確認します。

VCN_HUB_RT_DRG_TRANSITルート表を更新する必要があります。 -

ハブVCNのルート表(

VCN_HUB_RT_DRG_TRANSIT)を更新します。宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 プライベートIP 172.16.0.20 (FW IP) 静的 Oracle Services NetworkのすべてのFRAサービス サービス・ゲートウェイ ハブ サービスgw 静的 - 「ルート表」をクリックします。

VCN_HUB_RT_DRG_TRANSITルート表を選択します。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「サービス・ゲートウェイ」を選択します。

- 「宛先サービス」で、「Oracle Services Networkのすべてのサービス」を選択します。

- 上で作成したサービス・ゲートウェイを選択します。

- 「ルート・ルールの追加」をクリックします。

- 作成した新しいルート・ルールを確認します。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

スポークVCNもトラフィックを新しいサービス・ゲートウェイに正しくルーティングするようにしてください。デフォルトのスポークVCNルート表を更新する必要があります。

-

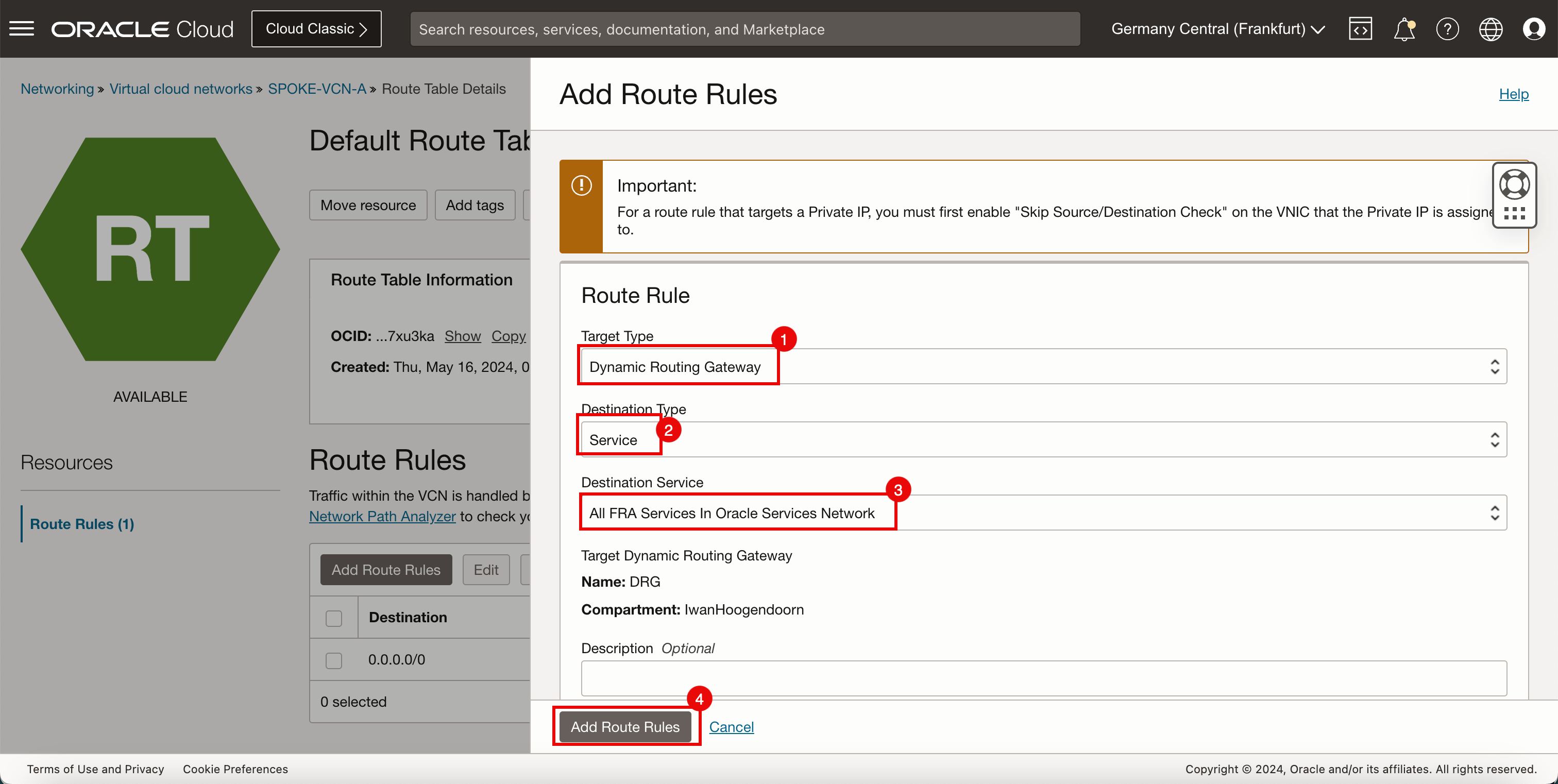

スポークVCN AのデフォルトのVCNルーティング表を更新します。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 Oracle Services NetworkのすべてのFRAサービス 動的ルート・ゲートウェイ DRG 静的 -

「VCNのスポーク」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Aのデフォルト・ルート表」をクリックします。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「サービス」を選択します。

- 「宛先サービス」で、「Oracle Services Networkのすべてのサービス」を選択します。

- 「ルート・ルールの追加」をクリックします。

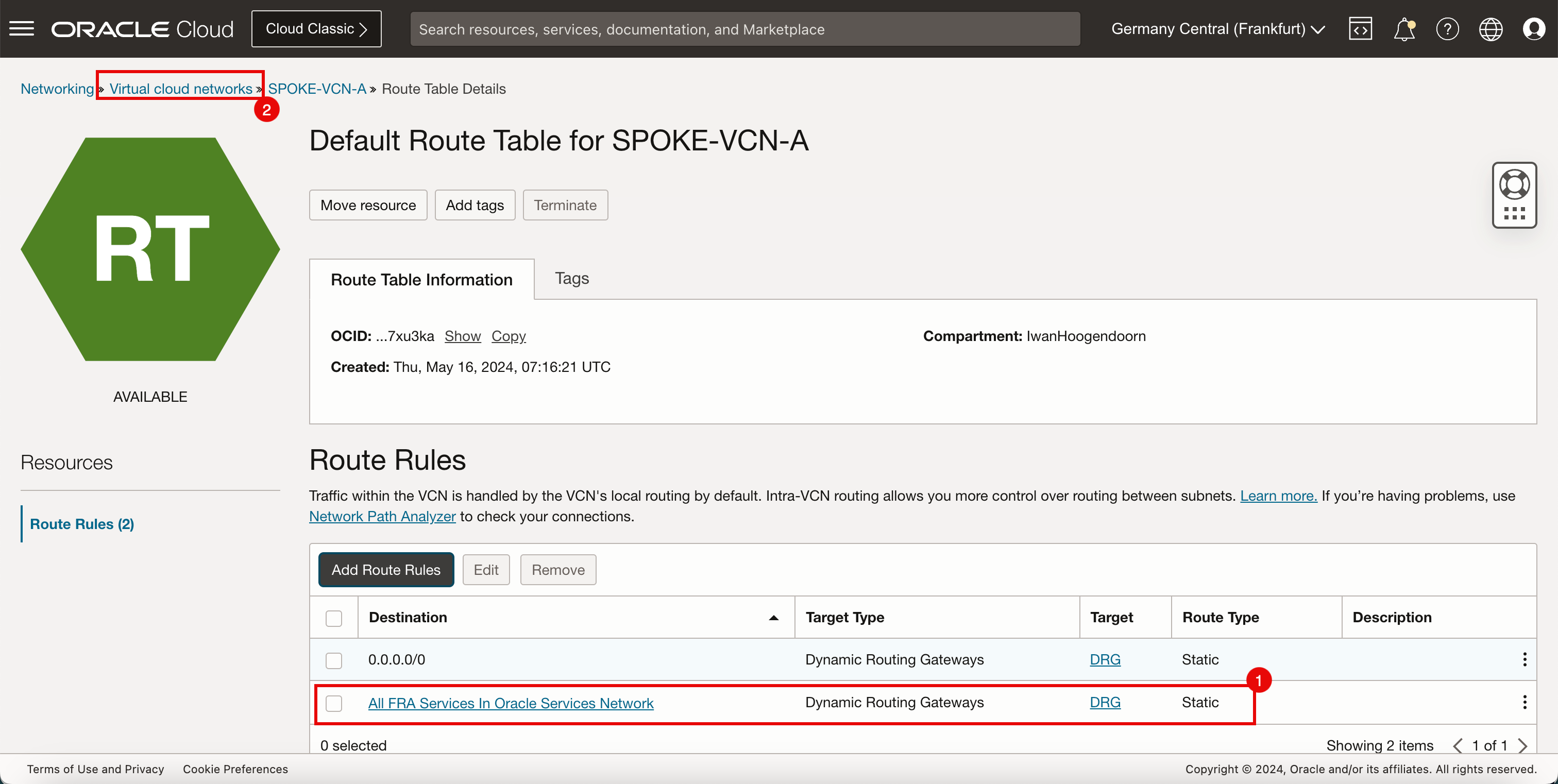

- これで、OCIサービス・ルートがスポークVCN Aのデフォルト・ルート表に追加されました。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

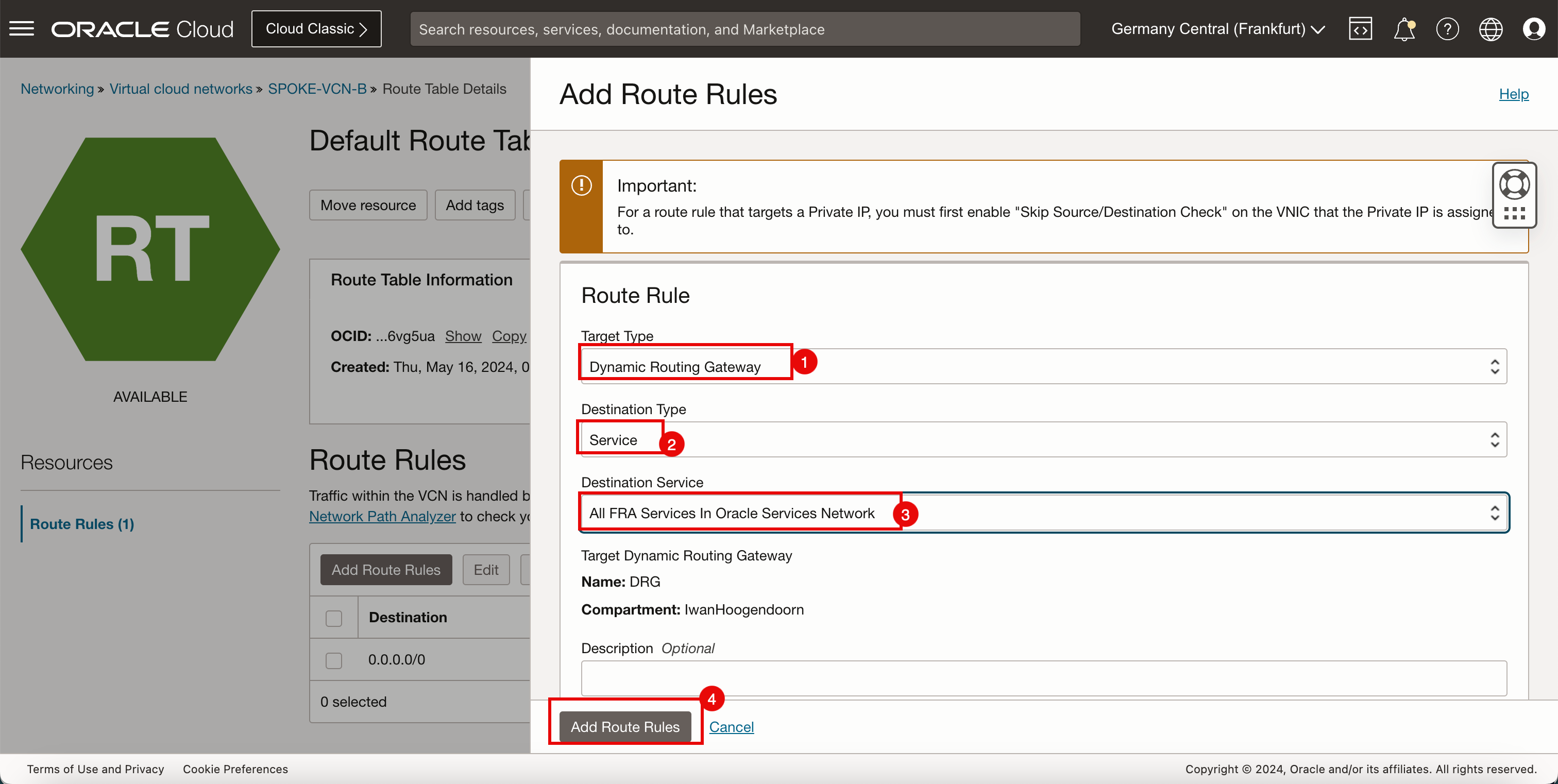

スポークVCN BのデフォルトのVCNルーティング表を更新します。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 Oracle Services NetworkのすべてのFRAサービス 動的ルート・ゲートウェイ DRG 静的 -

「スポークB VCN」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Bのデフォルト・ルート表」をクリックします。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「サービス」を選択します。

- 「宛先サービス」で、「Oracle Services Networkのすべてのサービス」を選択します。

- 「ルート・ルールの追加」をクリックします。

- これで、OCIサービス・ルートがスポークVCN Bのデフォルト・ルート表に追加されました。

- 「Virtual Cloud Networks」をクリックして、「VCN」ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

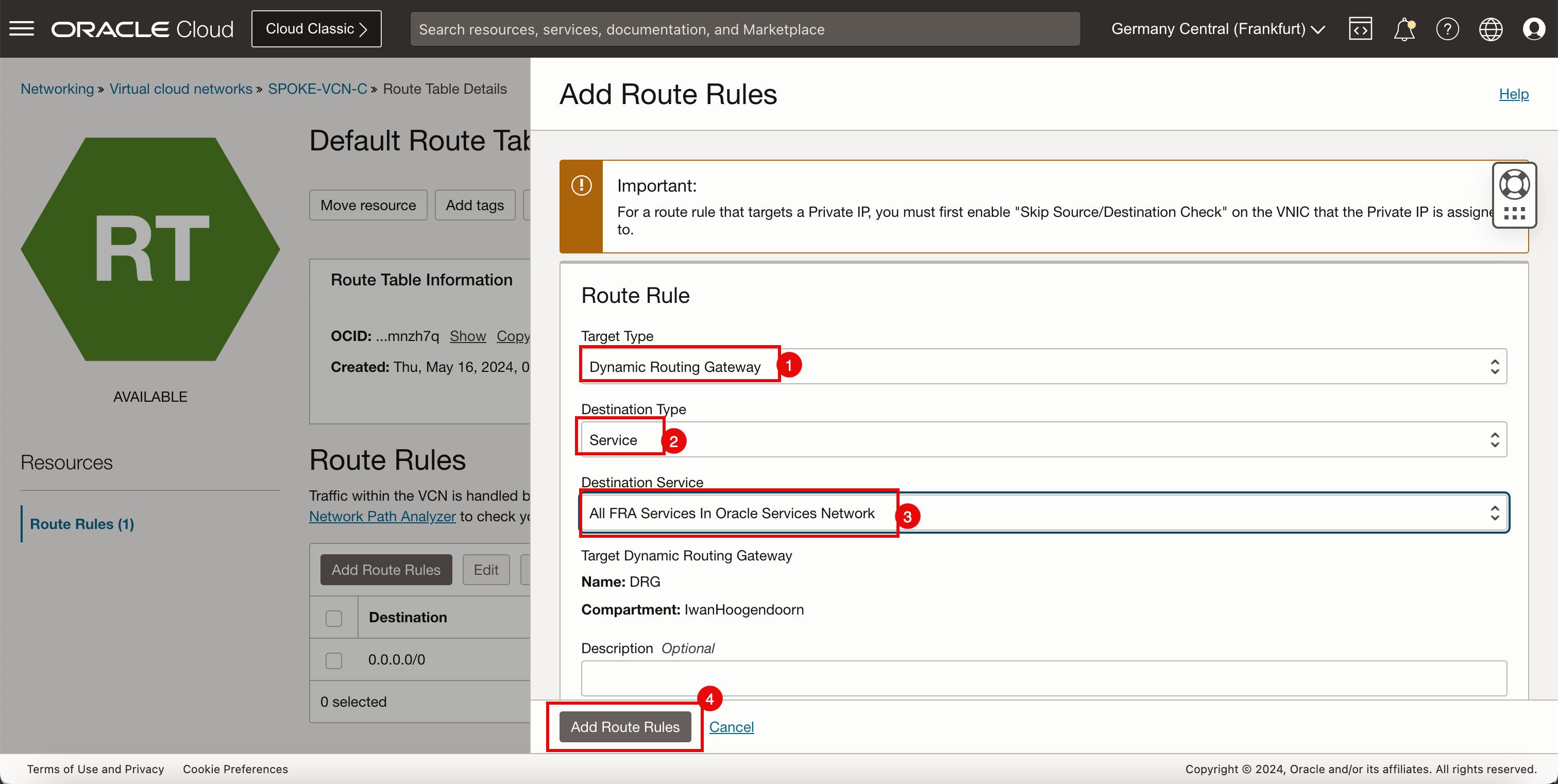

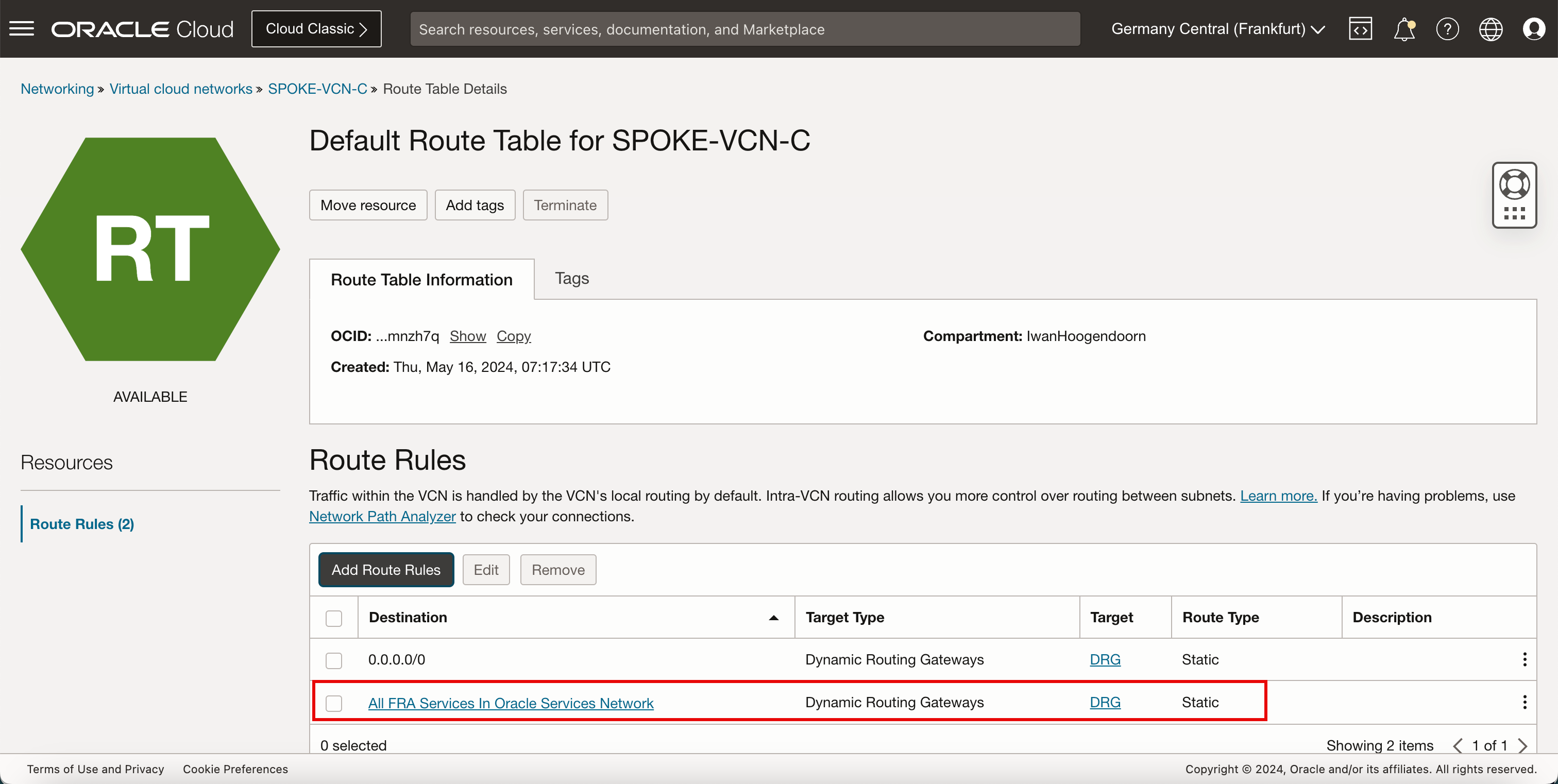

スポークVCN CのデフォルトのVCNルーティング表を更新します。

宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 動的ルート・ゲートウェイ DRG 静的 Oracle Services NetworkのすべてのFRAサービス 動的ルート・ゲートウェイ DRG 静的 -

「スポークC VCN」をクリックします。

- 「ルート表」をクリックします。

- 「SPOKE-VCN-Cのデフォルト・ルート表」をクリックします。

-

「ルート・ルールの追加」をクリックします。

- 「ターゲット・タイプ」で、「Dynamic Routing Gateway」を選択します。

- 「宛先タイプ」で、「サービス」を選択します。

- 「宛先サービス」で、「Oracle Services Networkのすべてのサービス」を選択します。

- 「ルート・ルールの追加」をクリックします。

-

これで、OCIサービス・ルートがスポークVCN Cのデフォルト・ルート表に追加されました。

-

次の図は、これまでに作成したものを視覚的に示したものです。

-

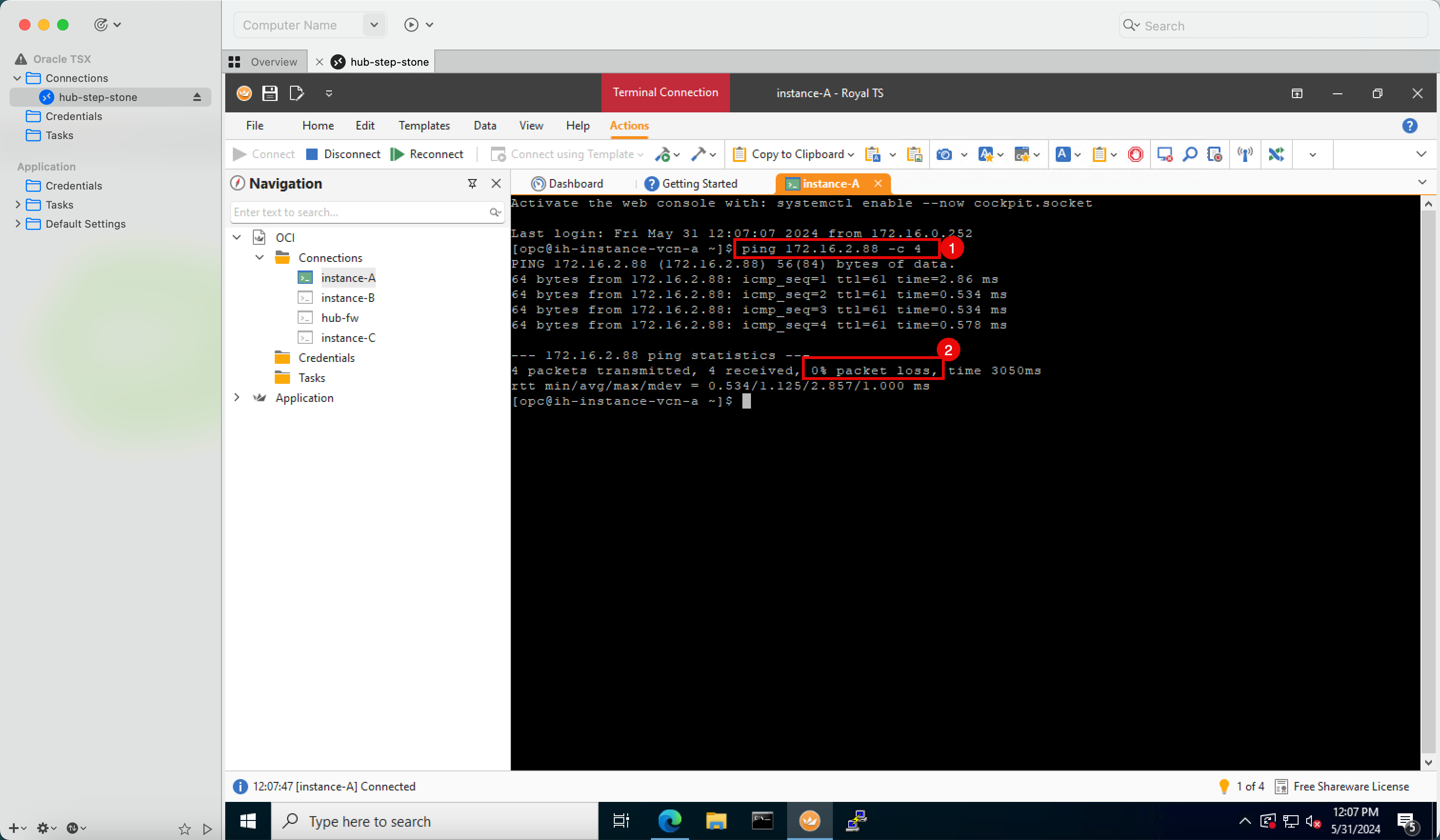

(サービス)ルーティング構成のため:

- トラフィックがDRGに送信されます。

- その後、DRGはトラフィックをサービス・ゲートウェイにルーティングします。

-

また、サービス・ゲートウェイはトラフィックをOCIサービス・ネットワークにルーティングします。

ノート: OCIサービス・ネットワークは安全なパスであるため、オラクルのサービス・ネットワーク・トラフィックはpfSenseファイアウォールを介してルーティングされません。

-

スポークVCN AインスタンスにTelnetアプリケーションを再度インストールします。

sudo dnf install telnetコマンドを実行して、スポークVCN AインスタンスにTelnetをインストールします。- 「Is this ok」に、Yと入力します。

- インストールが「完了」であることに注意してください。

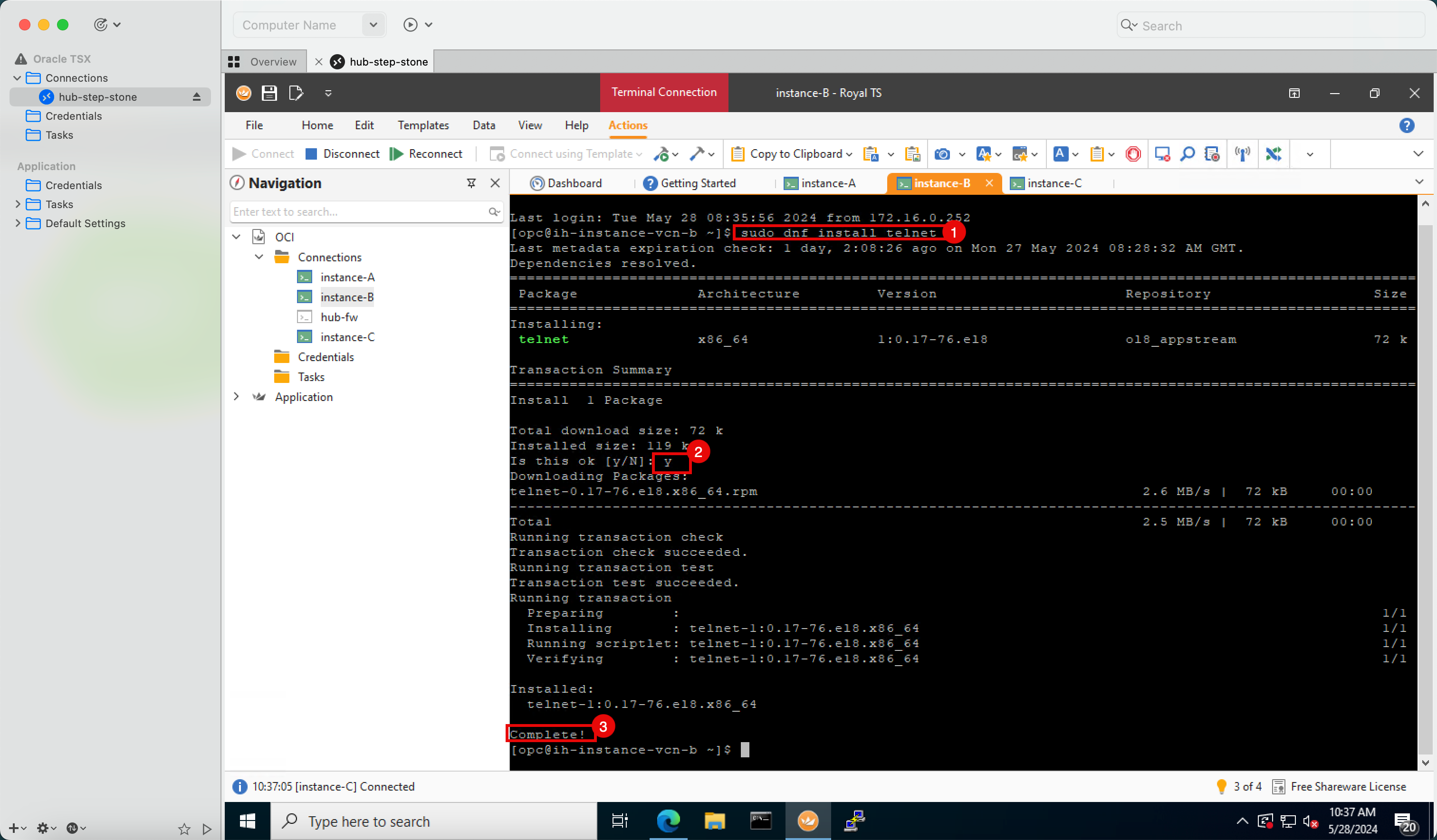

sudo dnf install telnetコマンドを実行して、TelnetをスポークVCN Bインスタンスにインストールします。- 「Is this ok」に、Yと入力します。

- インストールが「完了」であることに注意してください。

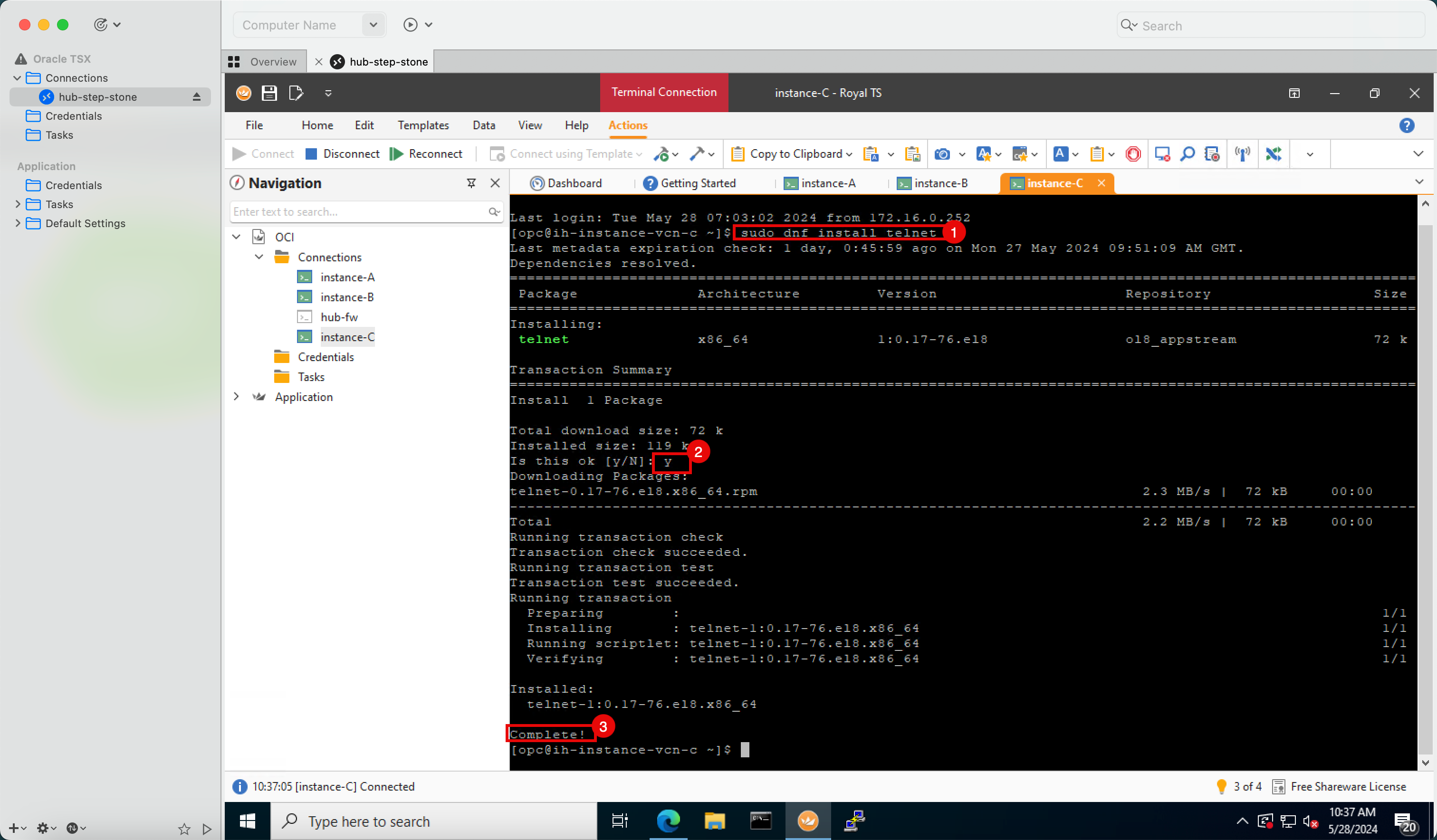

sudo dnf install telnetコマンドを実行して、TelnetをスポークVCN Cインスタンスにインストールします。- 「Is this ok」に、Yと入力します。

- インストールが「完了」であることに注意してください。

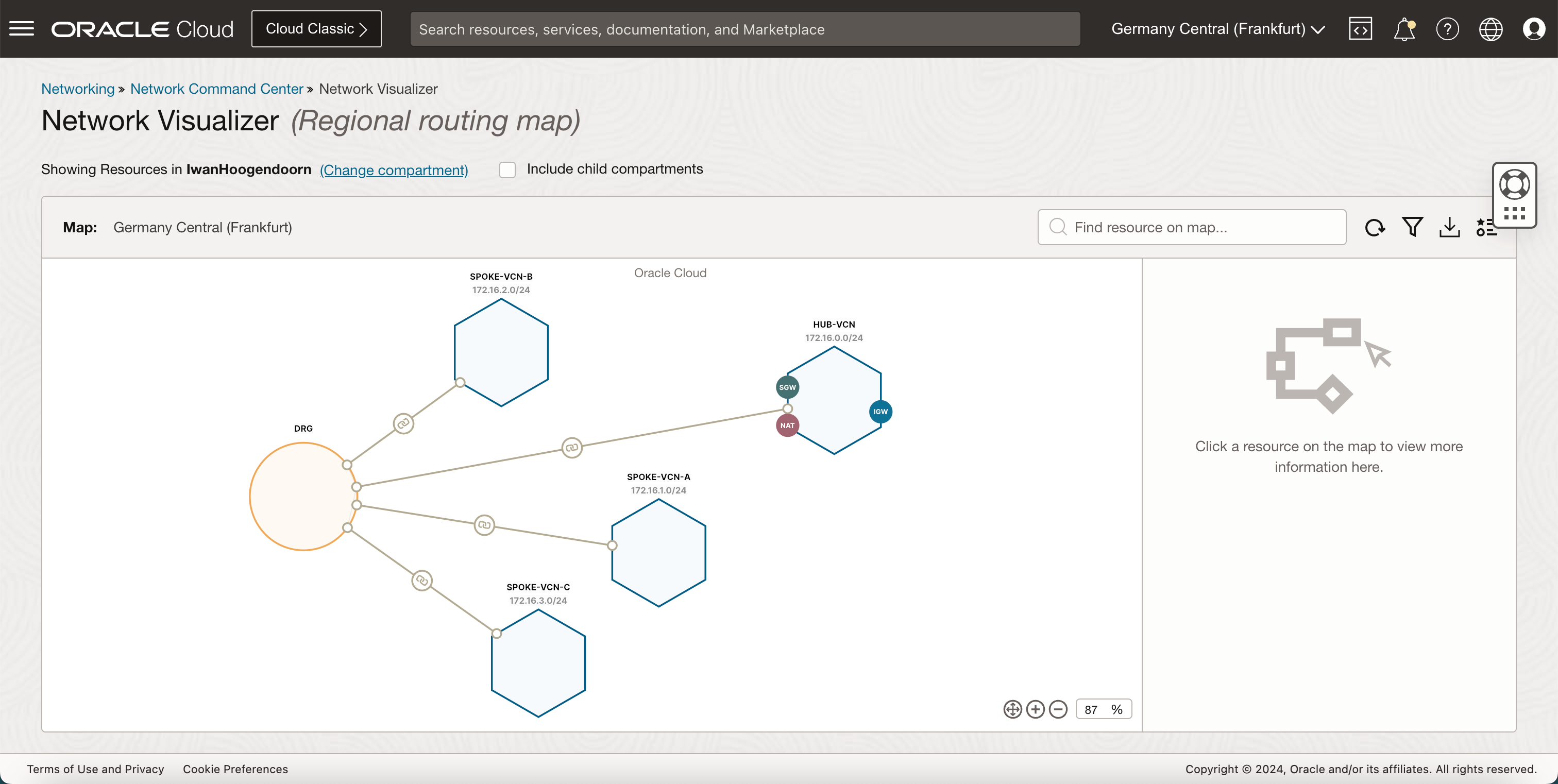

Network Visualizer

ネットワーク・ビジュアライザ・ツールを使用して、DRGでハブおよびスポークSCNをグラフィカルに表示できます。

承認

-

著者 - Iwan Hoogendoorn (OCIネットワーク・スペシャリスト)

-

貢献者 - Anas Abdallah(OCIネットワーク・スペシャリスト)

その他の学習リソース

docs.oracle.com/learnの他のラボをご覧いただくか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、education.oracle.com/learning-explorerにアクセスして、Oracle Learning Explorerになります。

製品ドキュメントは、Oracle Help Centerを参照してください。

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10013-01

June 2024