ノート:

- このチュートリアルでは、Oracle Cloudへのアクセスが必要です。無料アカウントにサインアップするには、Oracle Cloud Infrastructure Free Tierの開始を参照してください。

- Oracle Cloud Infrastructureの資格証明、テナンシおよびコンパートメントに例の値を使用します。演習を終える際は、これらの値をクラウド環境に固有の値に置き換えてください。

ハブおよびスポークVCNルーティング・アーキテクチャを使用したIPSec VPNを使用したオンプレミスからOCIへの接続

イントロダクション

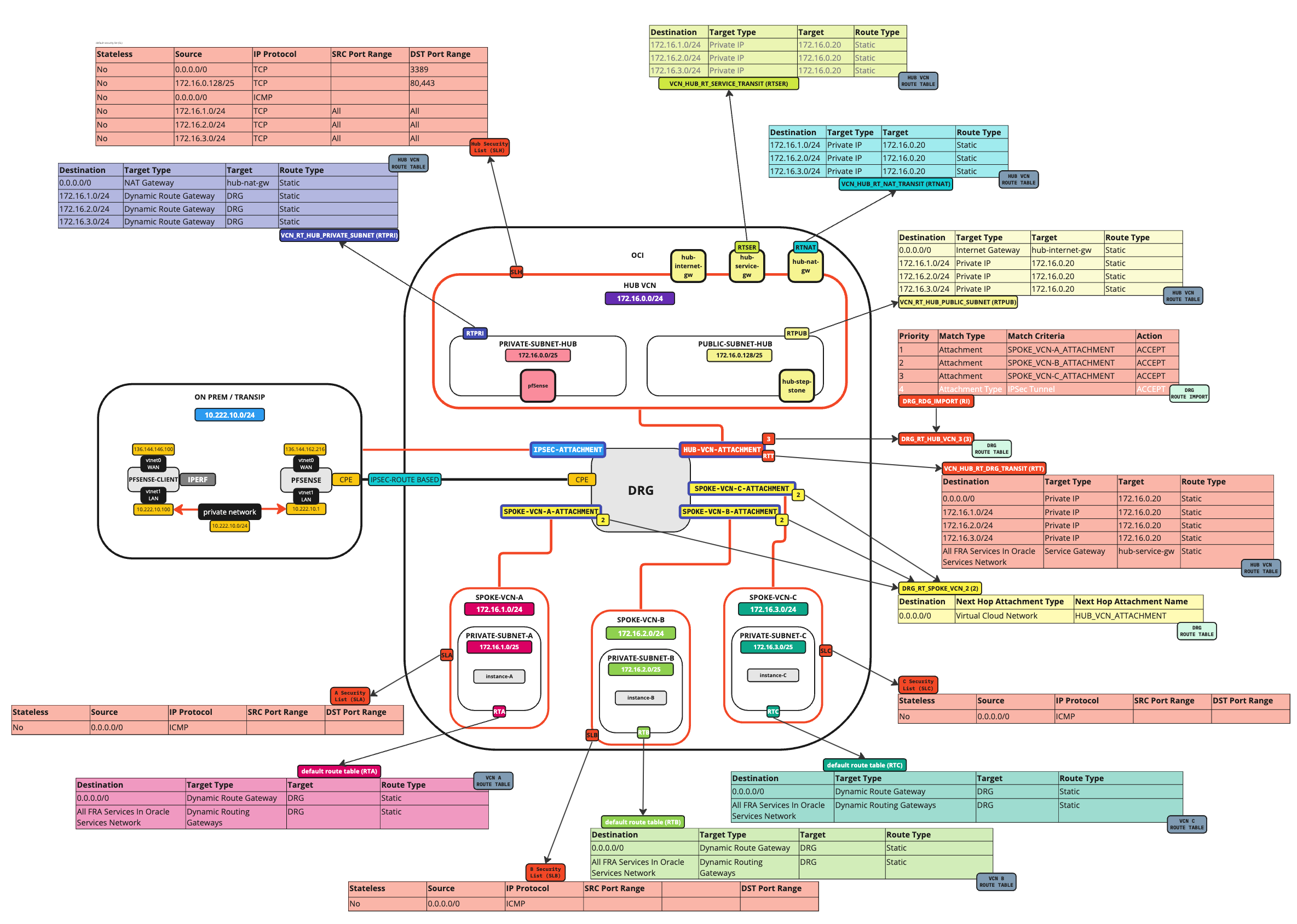

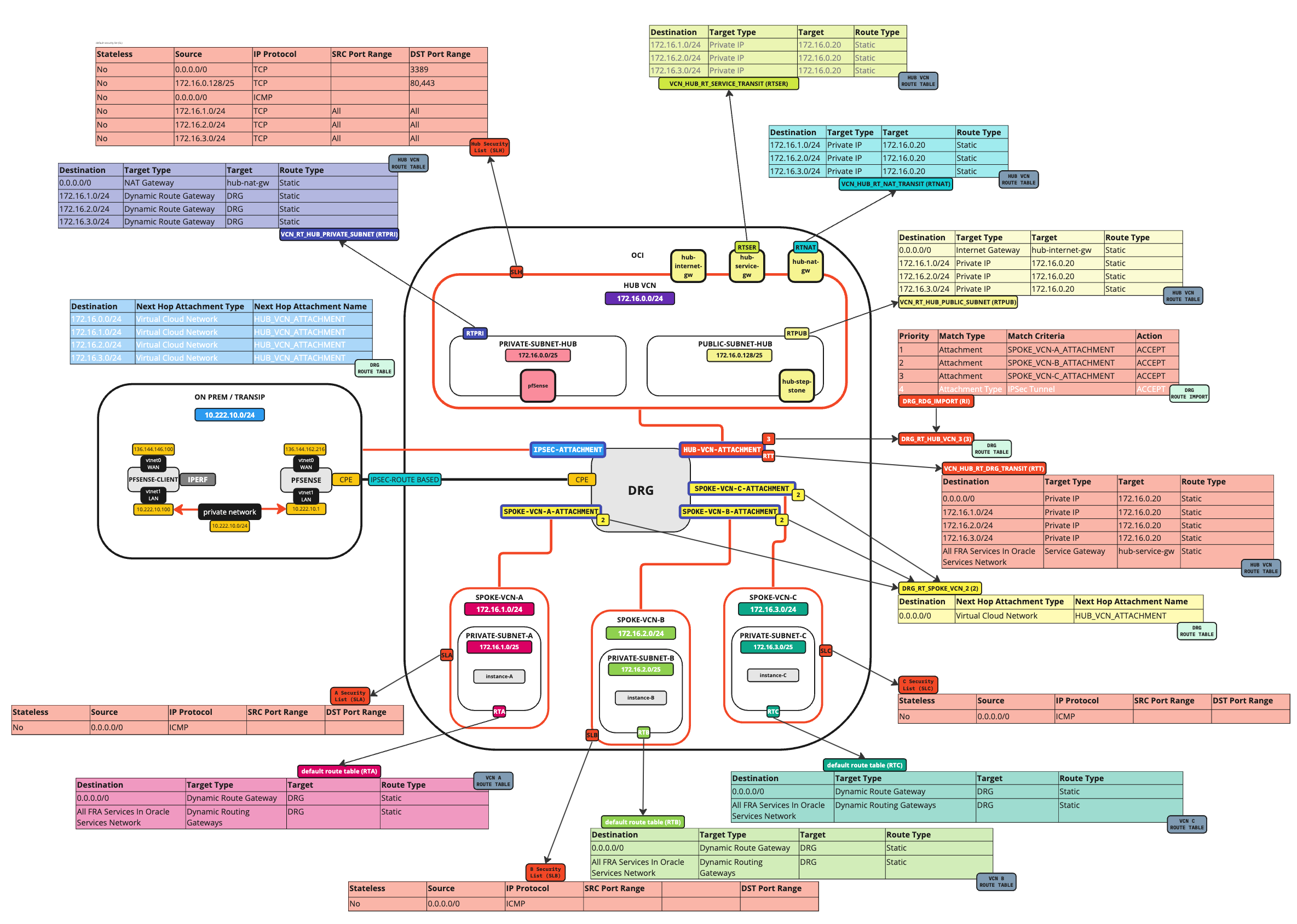

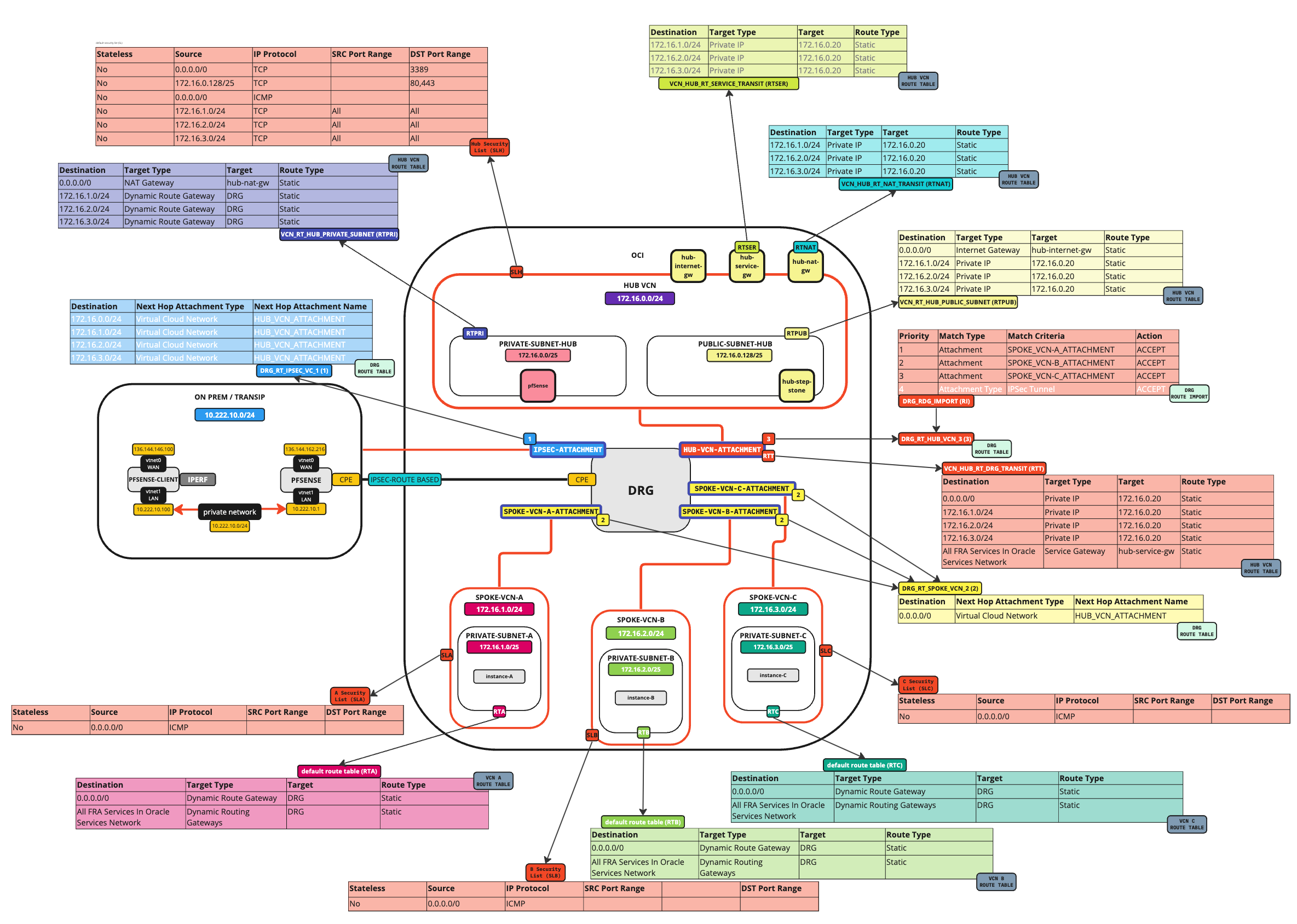

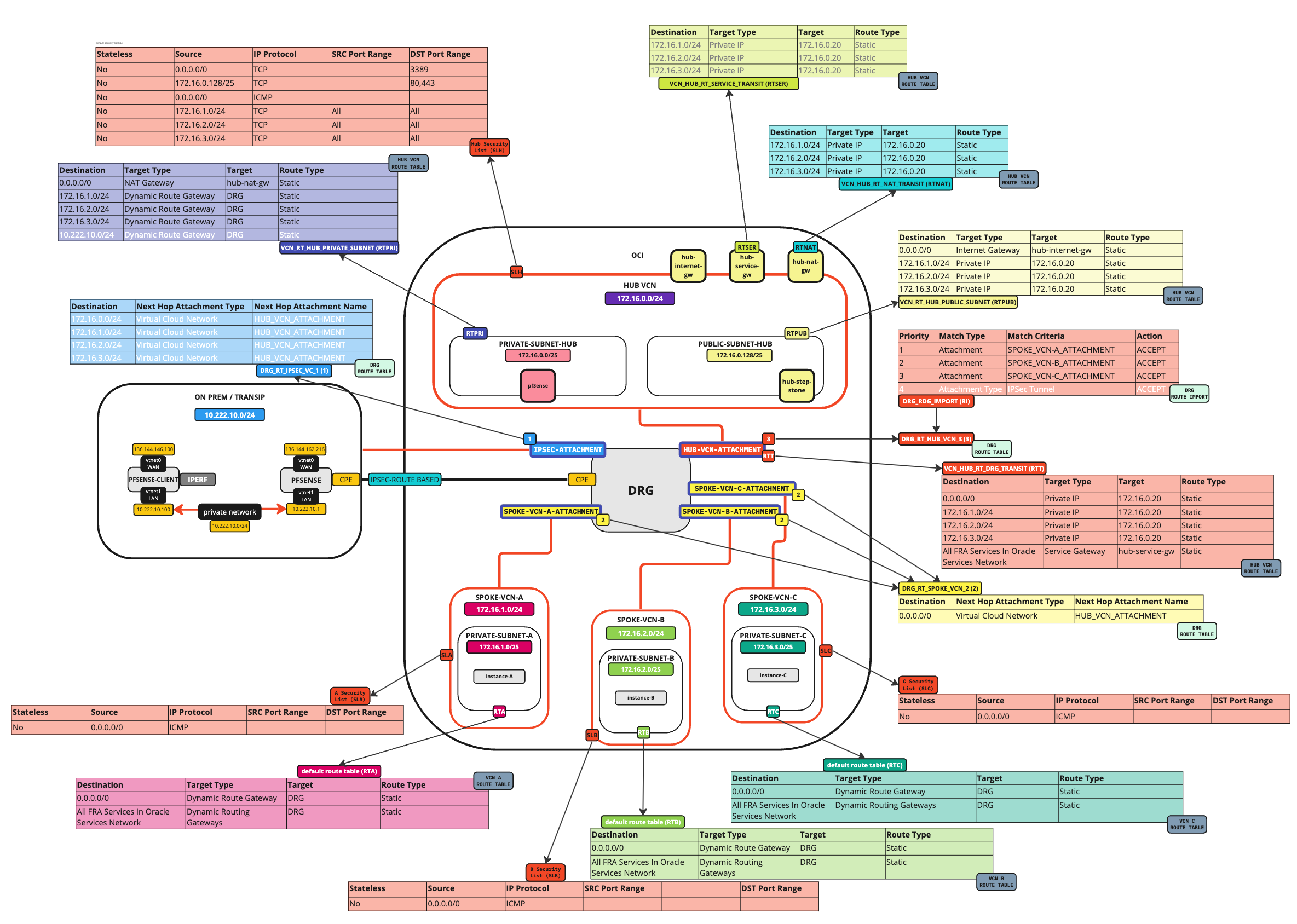

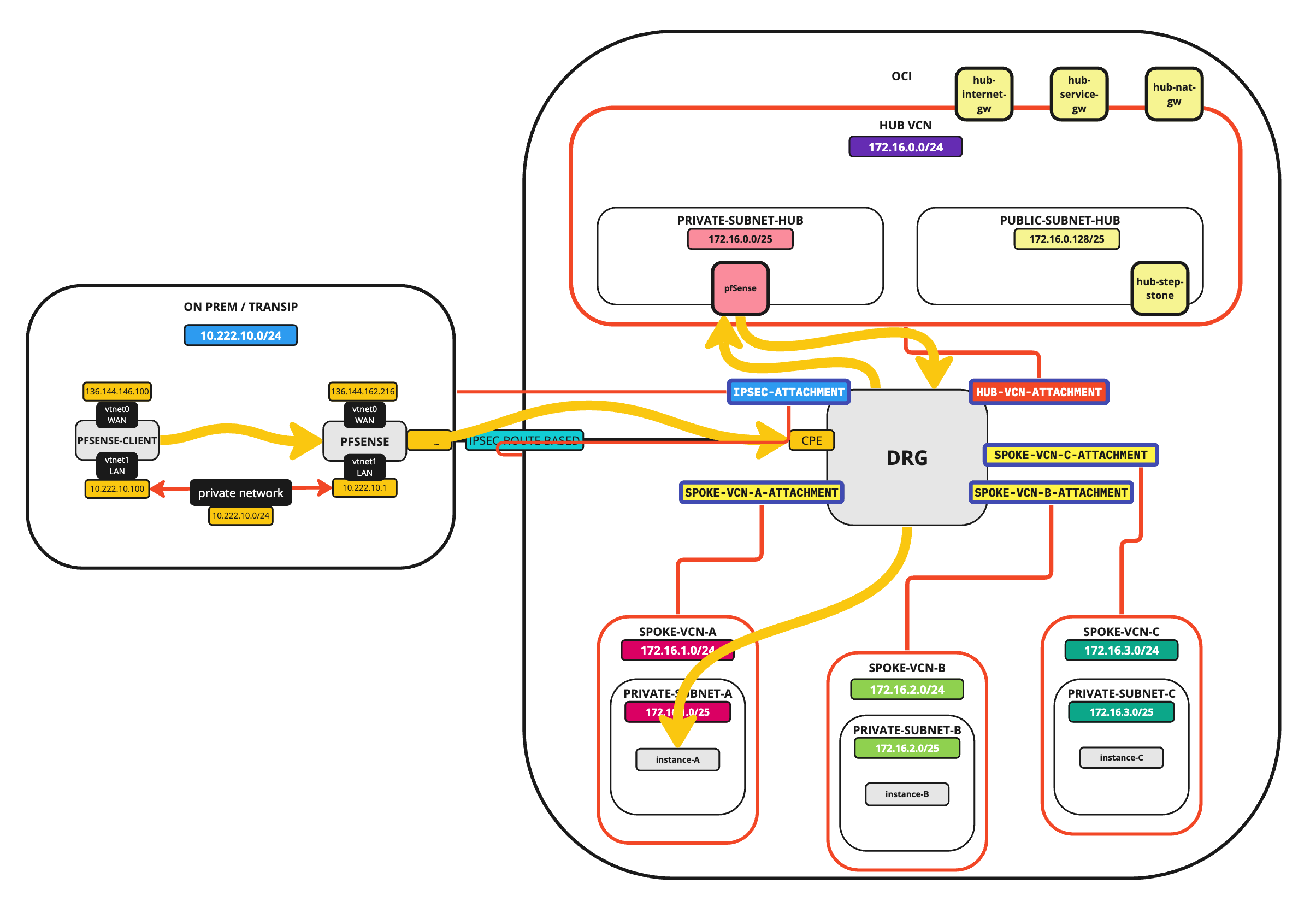

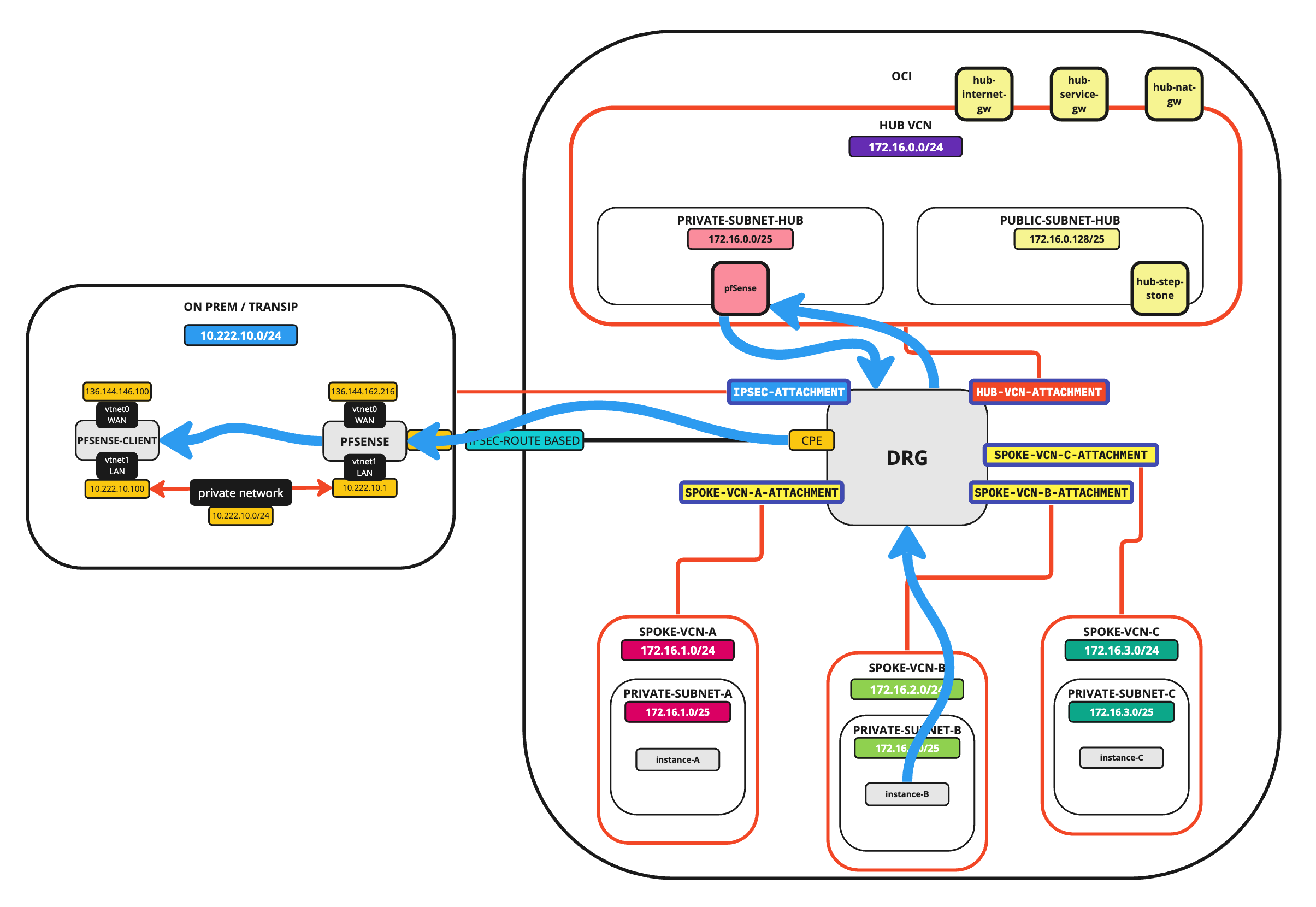

Oracle Cloud Infrastructure(OCI)を使用すると、オンプレミス環境とOCI環境間のVPN接続を簡単に構成できますが、OCIでハブ・トポロジとスポーク・トポロジを使用すると、ルーティングの複雑さが生じる可能性があります。このチュートリアルでは、OCIへのインターネット・プロトコル・セキュリティ(IPSec)VPN接続を設定し、OCIのリソースに接続する前に、オンプレミス環境からのトラフィックがファイアウォール・ポリシーによって評価されるようにルーティングを構成します。

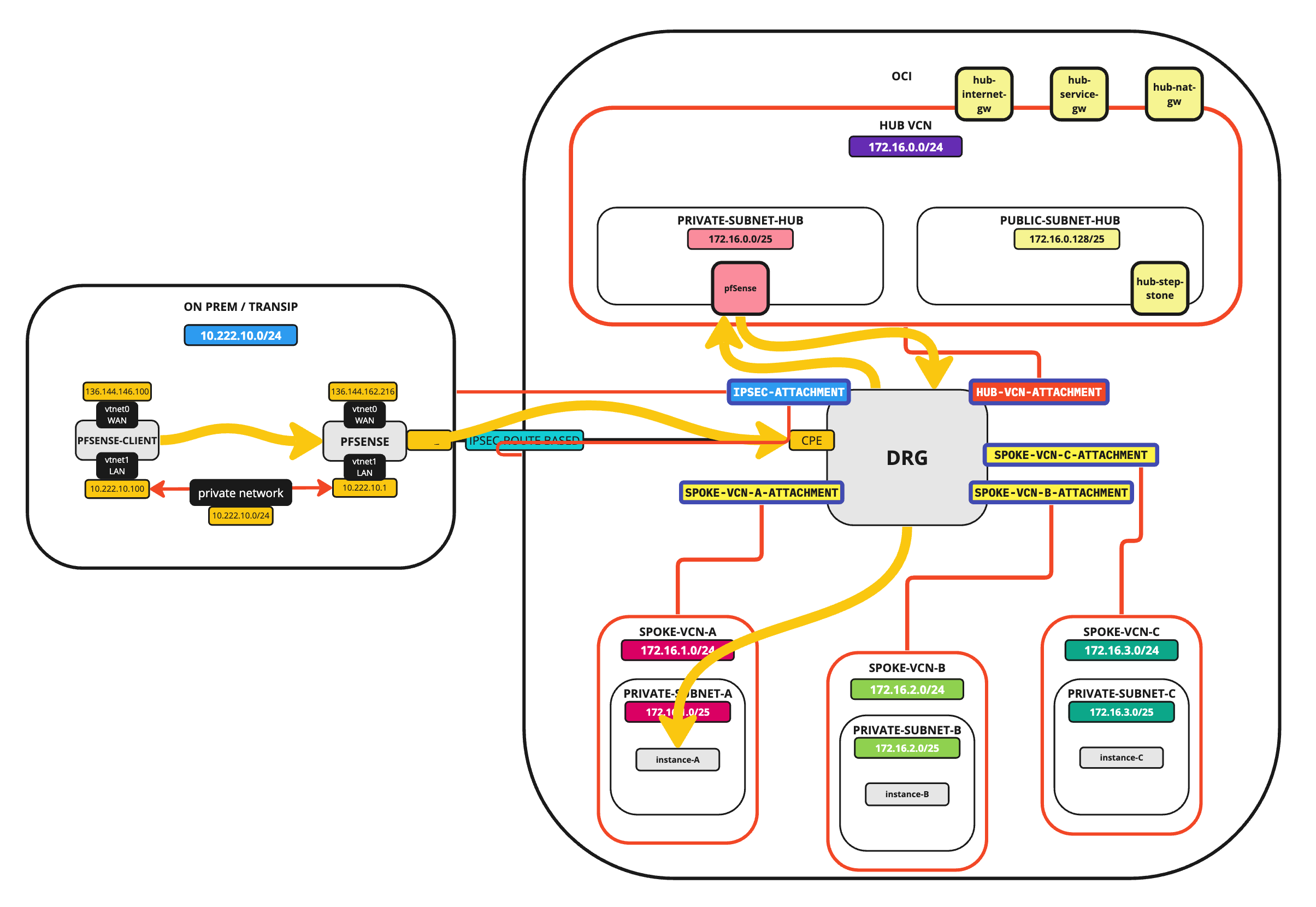

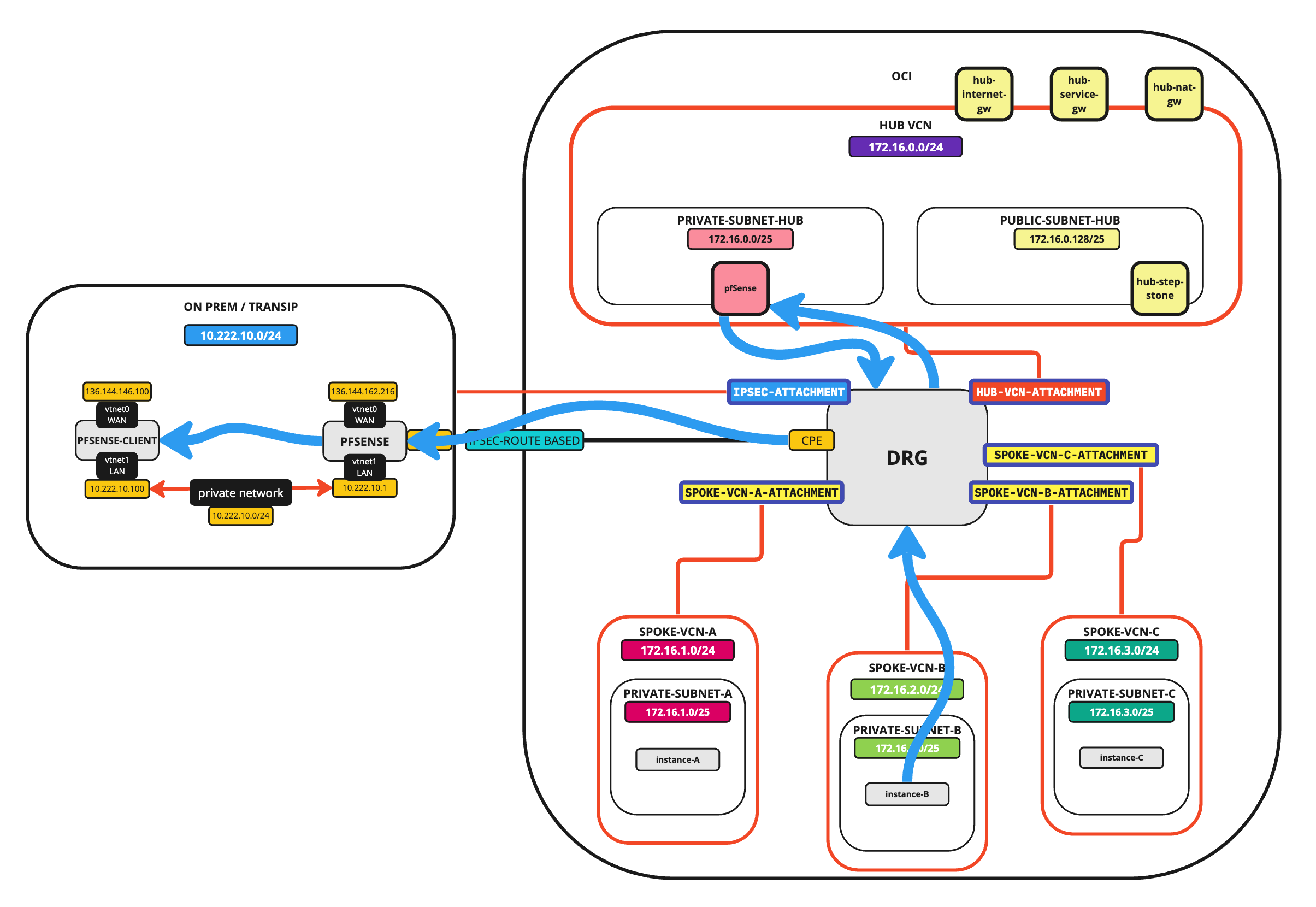

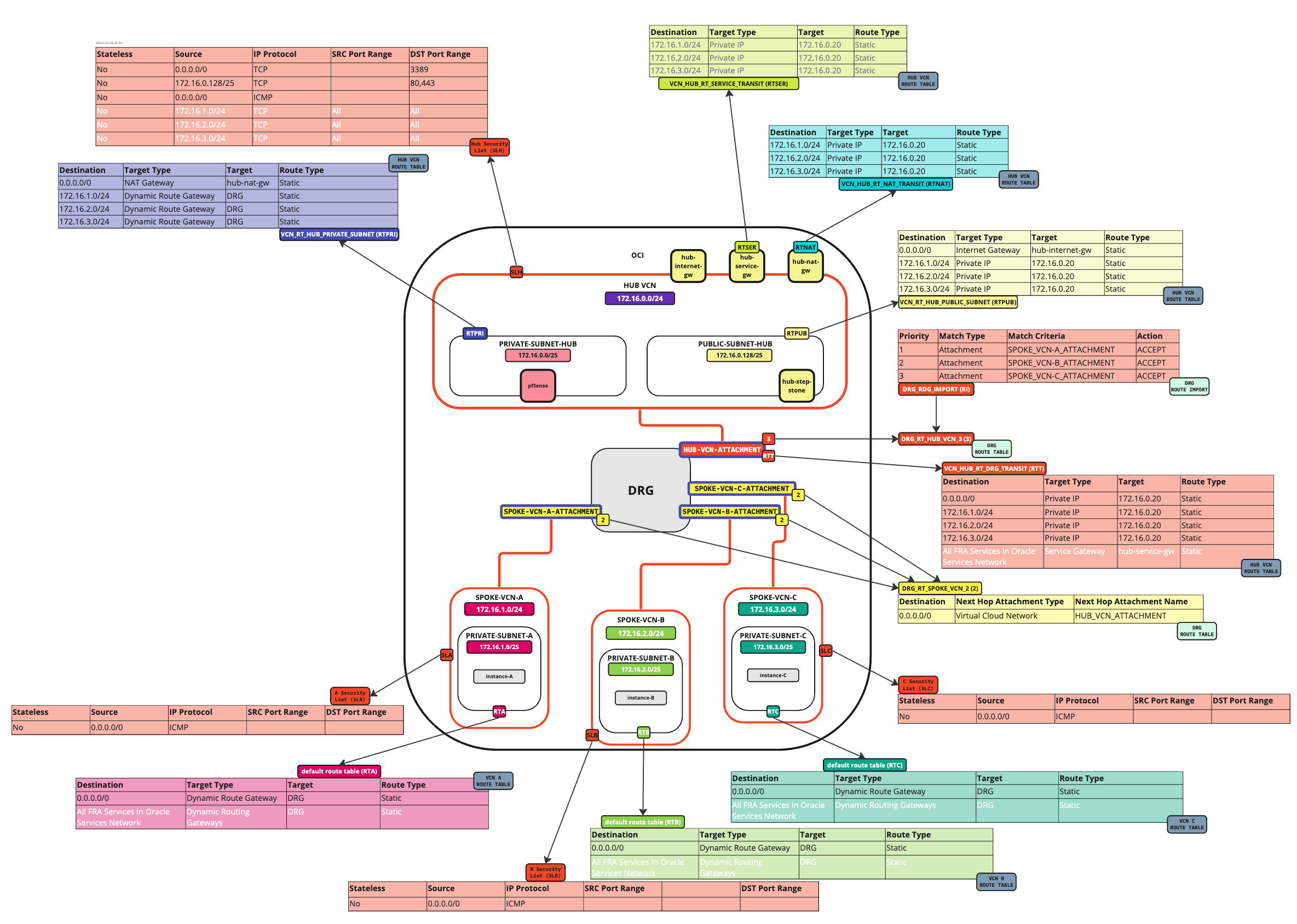

次の図は、トラフィック・フローを示しています。

-

オンプレミスからSpoke A Connectivity

-

スポークBからオンプレミスへの接続

目的

- IPSec VPNトンネルを使用して、オンプレミスの場所をOCI環境に接続します。OCI環境ではハブ・ルーティング・アーキテクチャとスポーク・ルーティング・アーキテクチャを利用しているため、トラフィックが正しく流れていることを確認し、基本的なpingテストを通じて接続性を検証するために必要なルーティングも構成します。

前提条件

次のチュートリアルを実行します:

タスク1: オンプレミス環境の準備

-

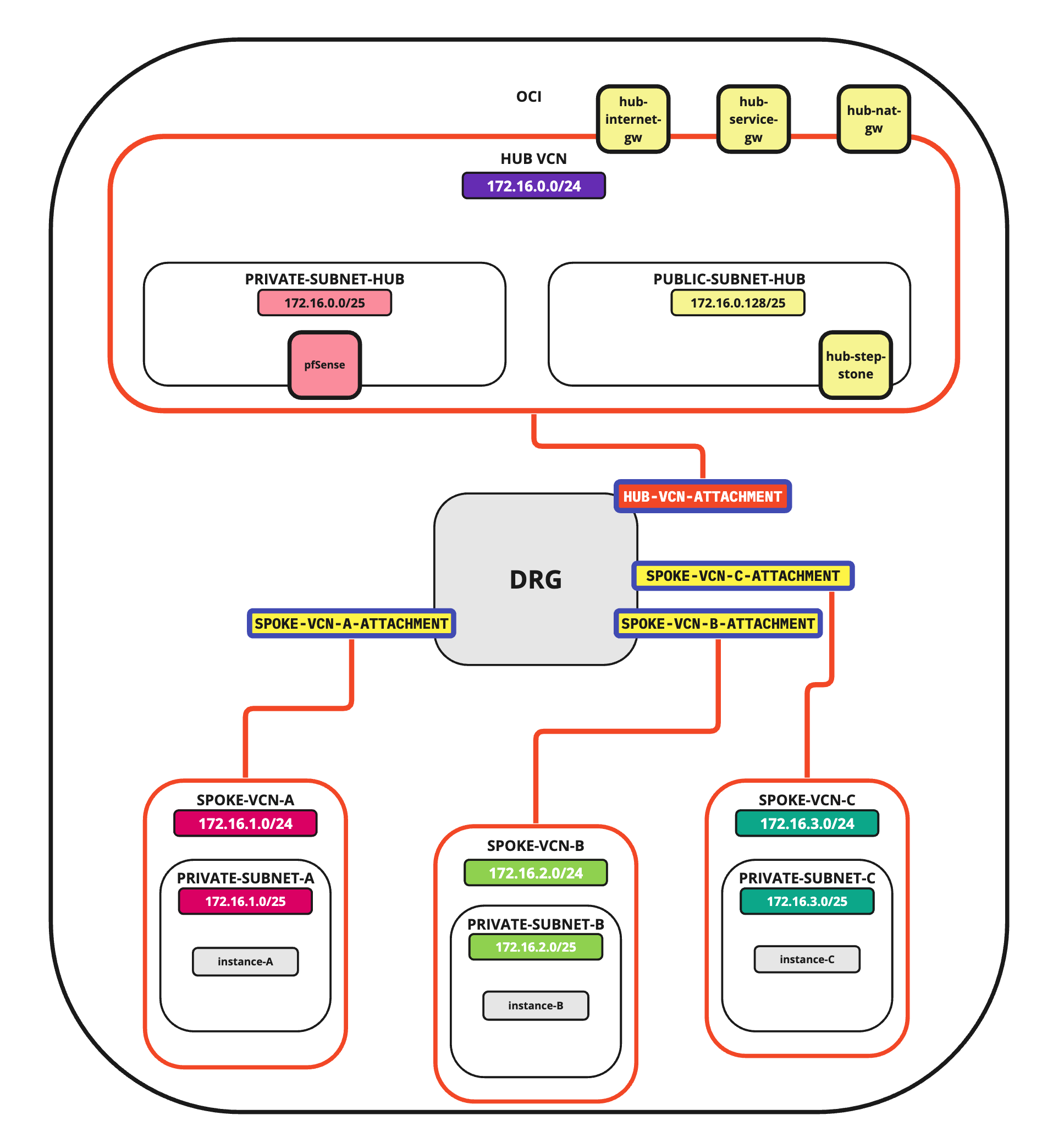

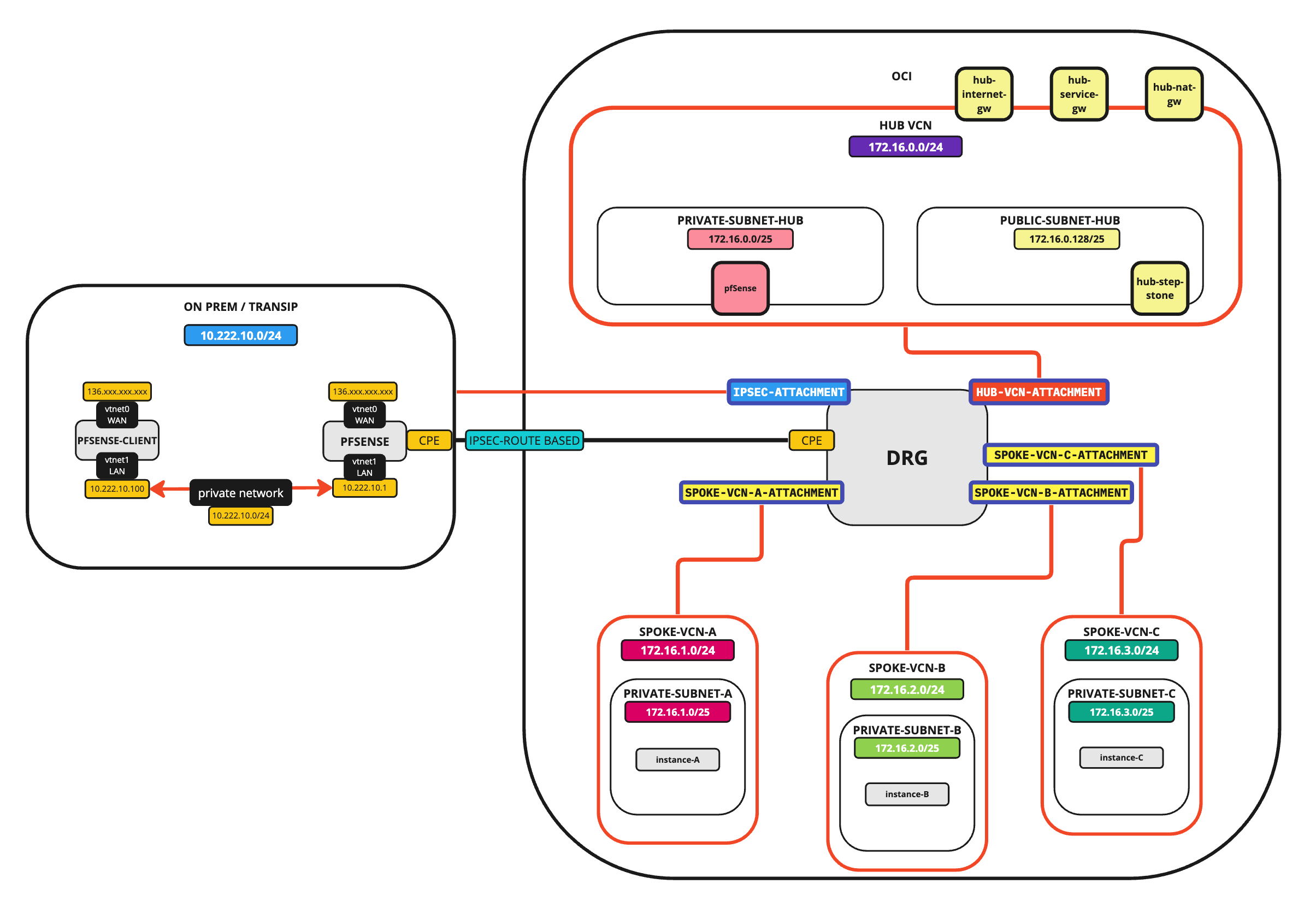

OCIトポロジ

このチュートリアルでは、OCIトポロジはハブおよびスポークVCNルーティング・トポロジです。詳細は、ハブVCNのpfSenseファイアウォールを使用したルート・ハブおよびスポークVCNを参照してください。

次の図は、開始点の視覚表現を示しています。

-

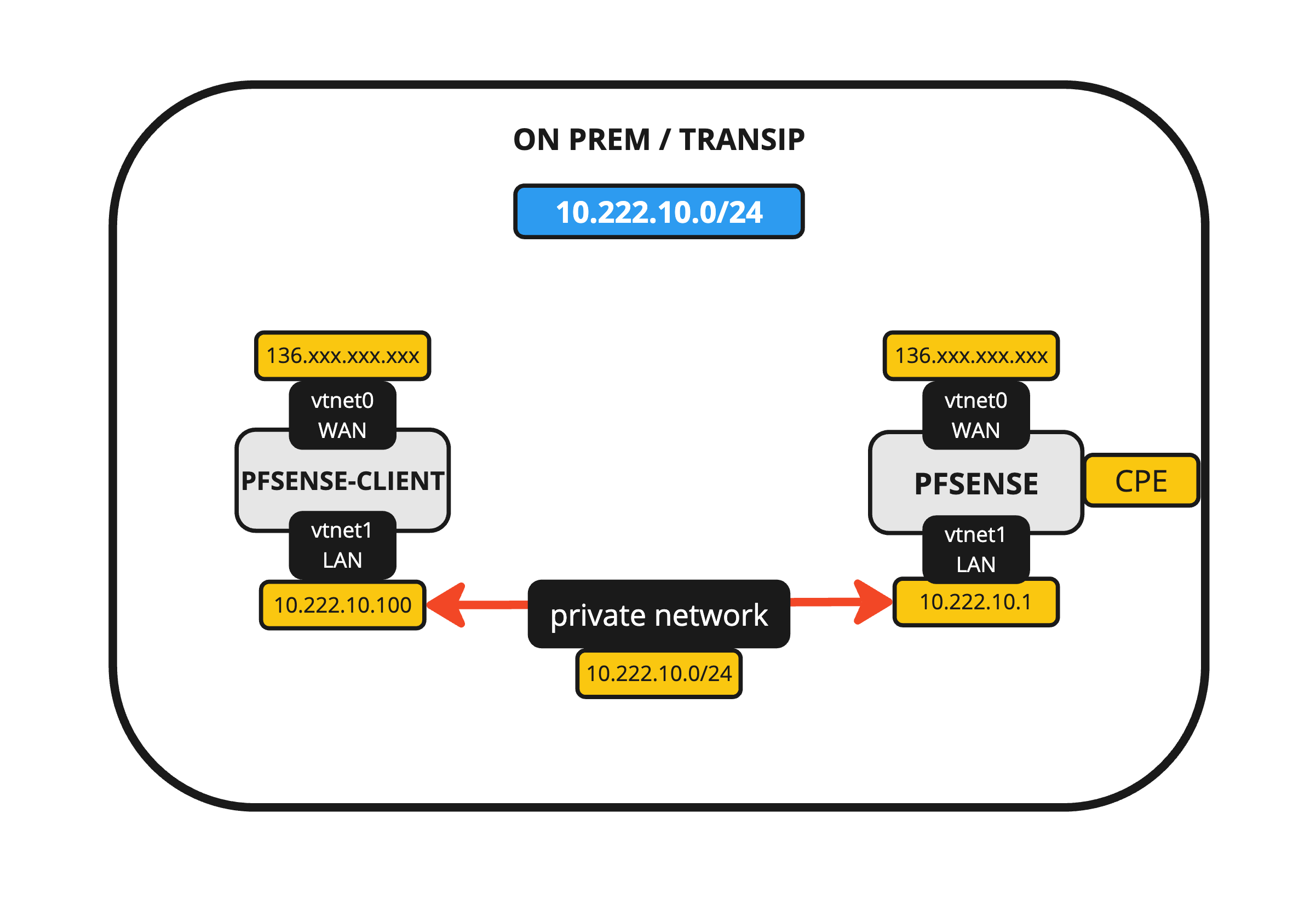

オンプレミス・トポロジ

オンプレミス環境をシミュレートするために、サンプル・セットアップを作成し、2つのVPSインスタンスを作成し、それぞれにpfSenseをインストールしました。

1つのpfSenseインスタンスはIPSec顧客構内機器(CPE)終了ポイントとして機能し、もう1つのpfSenseインスタンスは内部クライアントとして機能します。

この環境の設定は、このチュートリアルの範囲内にありません。

-

OCIおよびオンプレミス最終トポロジ

オンプレミス環境をOCI環境に接続すると、トポロジは次のようになります。

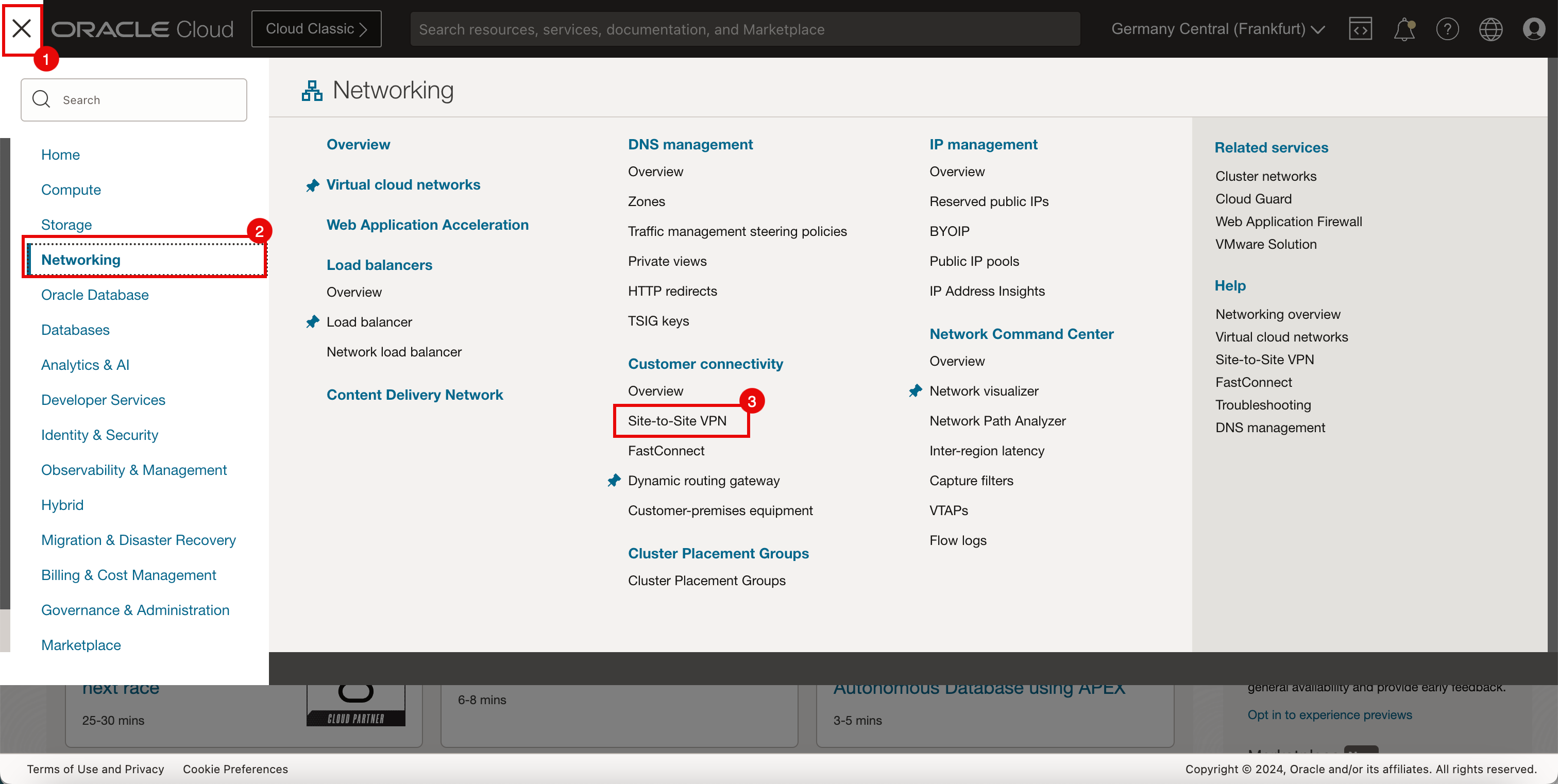

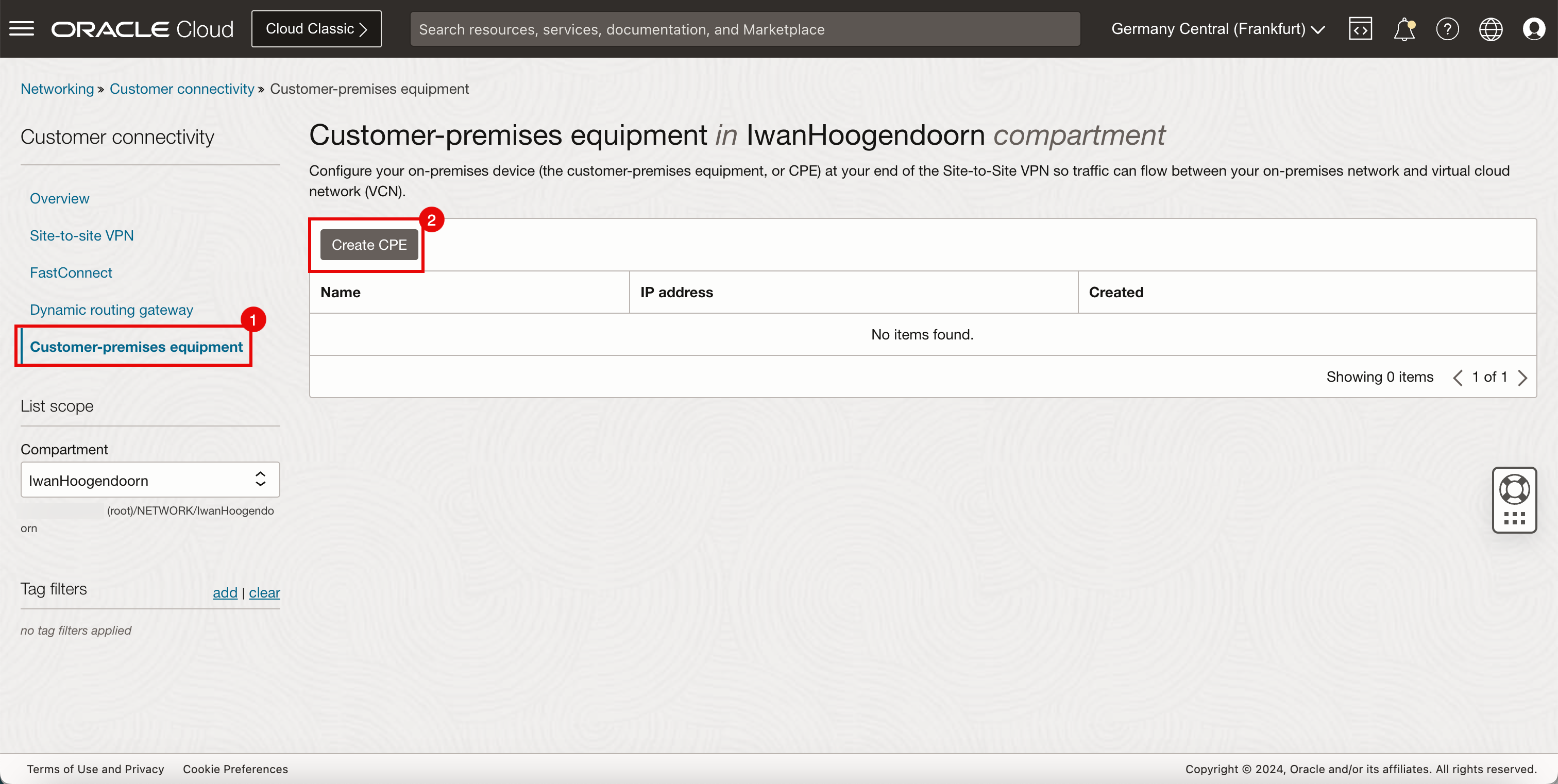

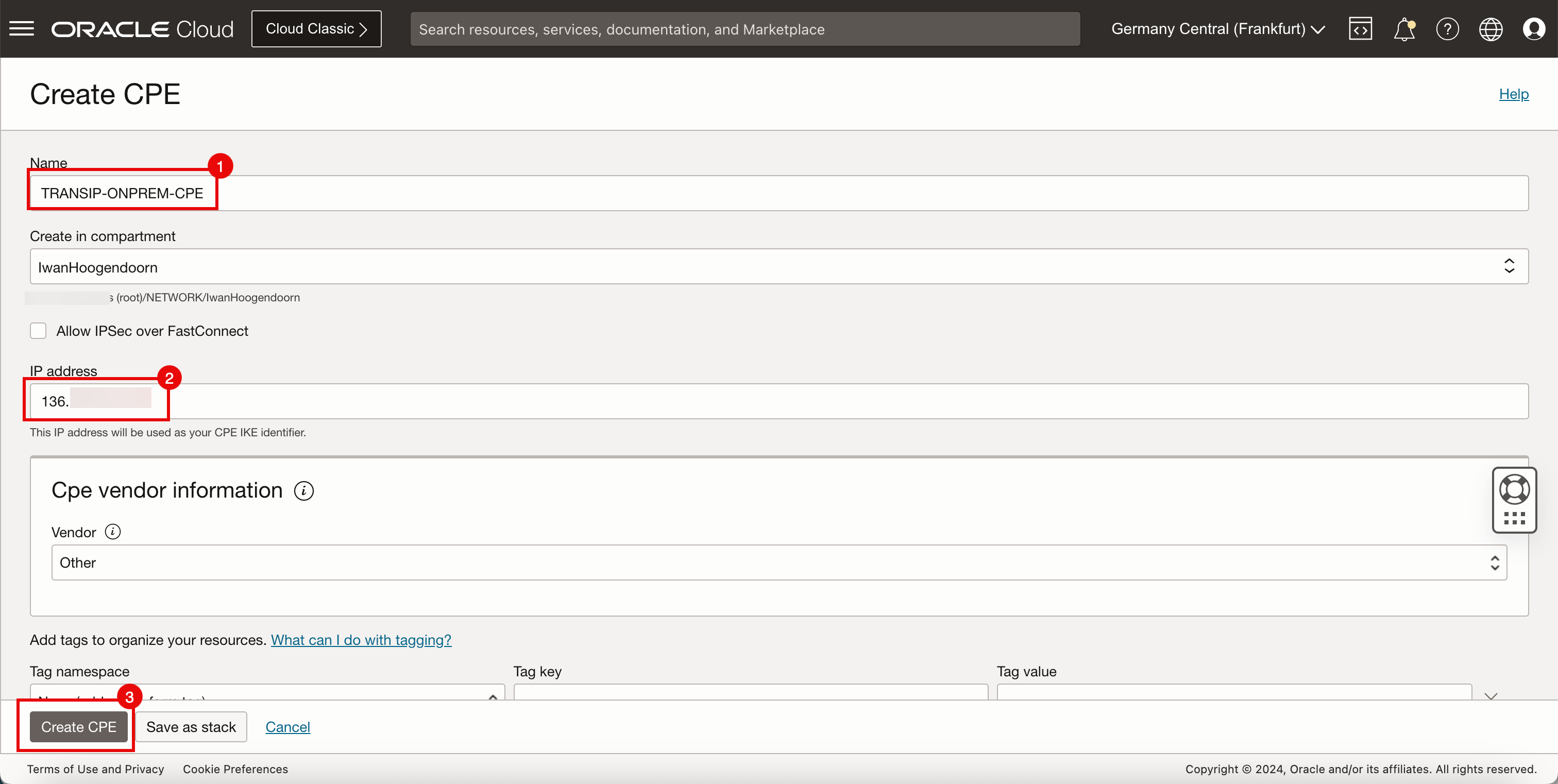

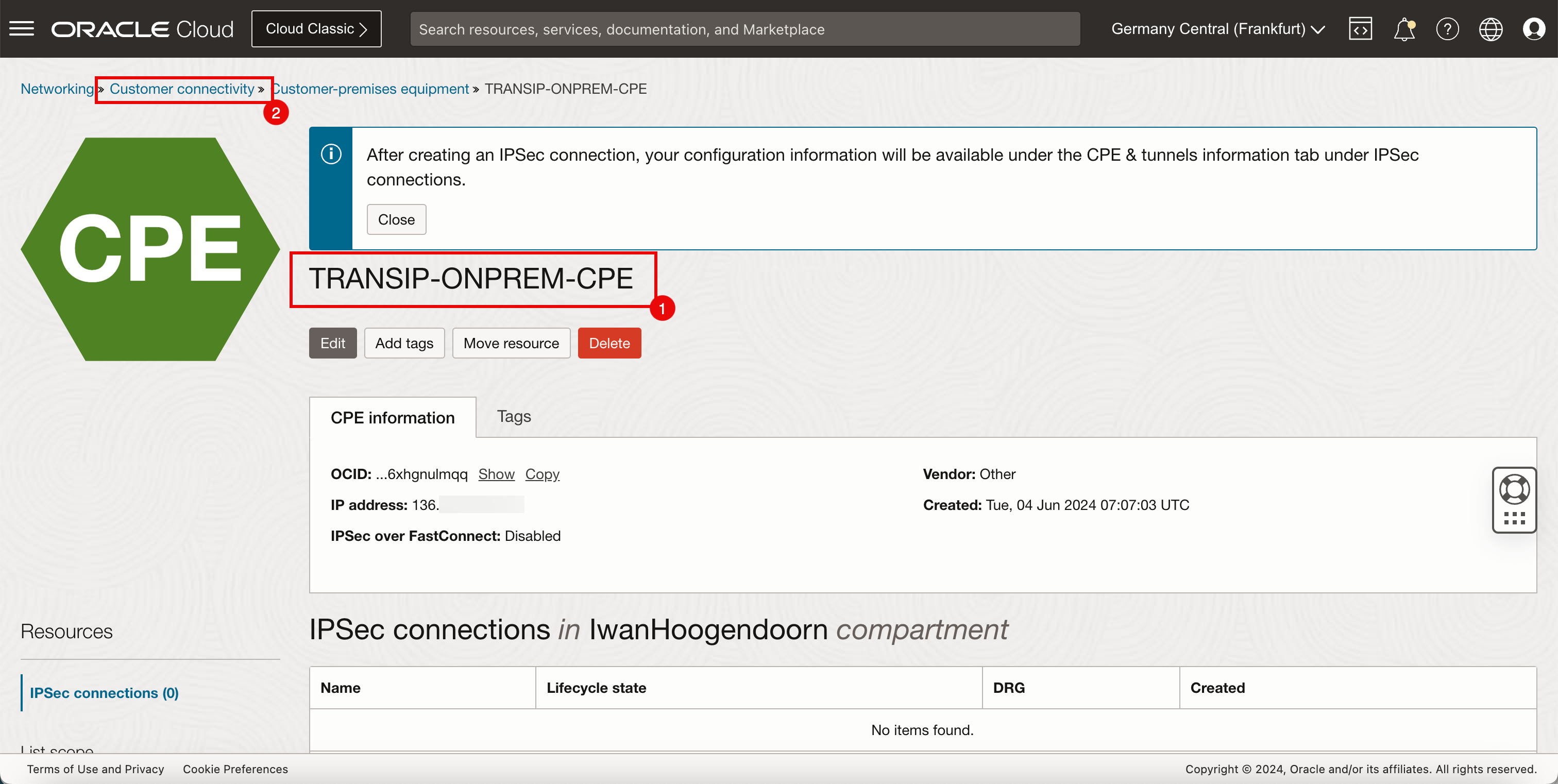

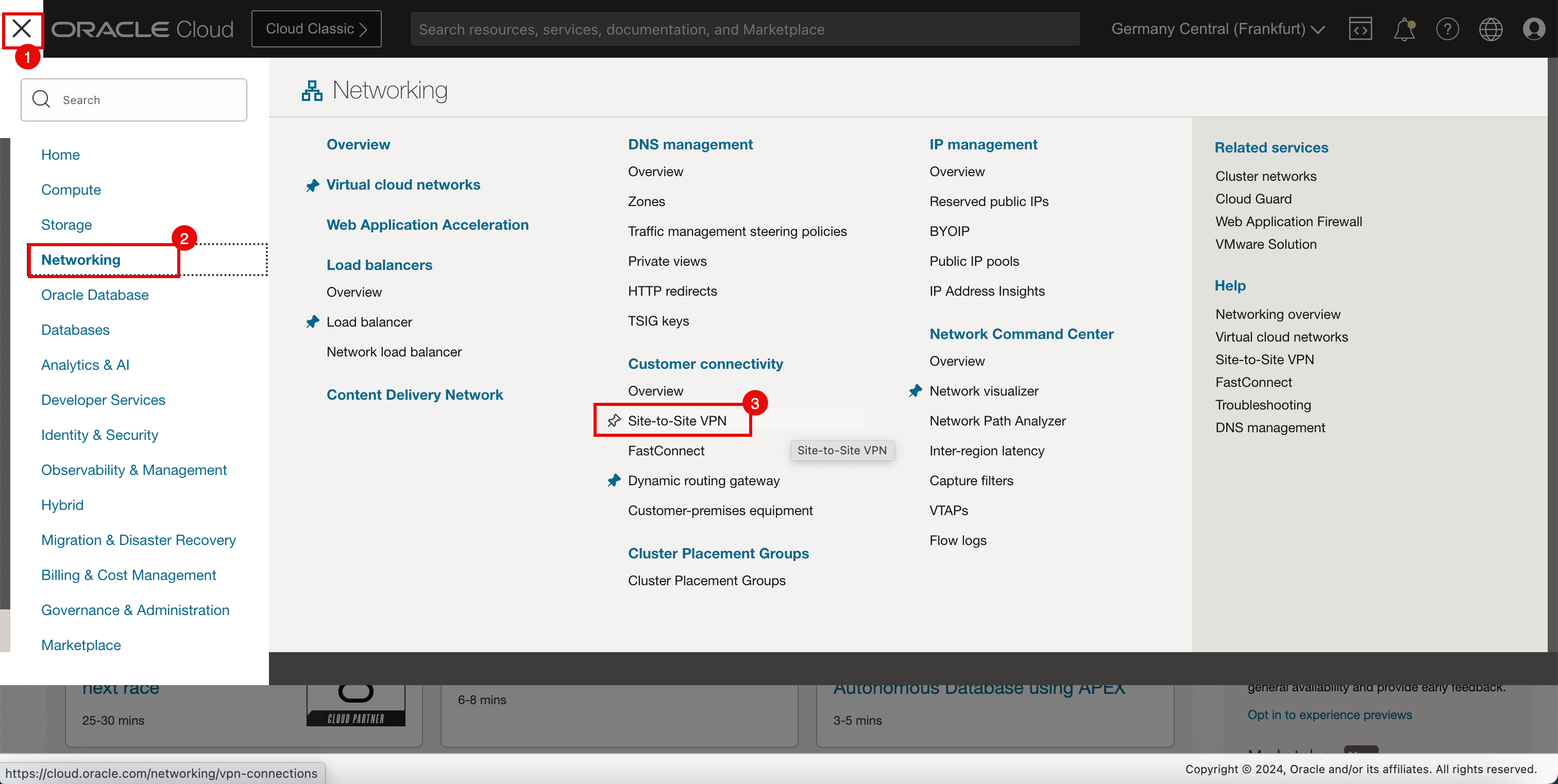

タスク2: OCIでのCPEの作成

IPSec VPN接続を作成する前に、まずOCIでCPEオブジェクトを作成する必要があります。

-

OCIコンソールに移動します。

- 左上隅のハンバーガーメニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「サイト間VPN」をクリックします。

- 「顧客構内機器」をクリックします。

- 「CPEの作成」をクリックします。

-

CPEの作成で、次の情報を入力します。

- CPEの「名前」を入力します。

- 「IP address」と入力します。このIPアドレスは、オンプレミスでのVPNの設定に使用されるデバイスのパブリックIPアドレスです。

- 「CPEの作成」をクリックします。

- OCIの新しいCPEオブジェクトが作成されていることを確認します。

- 「顧客接続性」をクリックして、顧客接続性ページに戻ります。

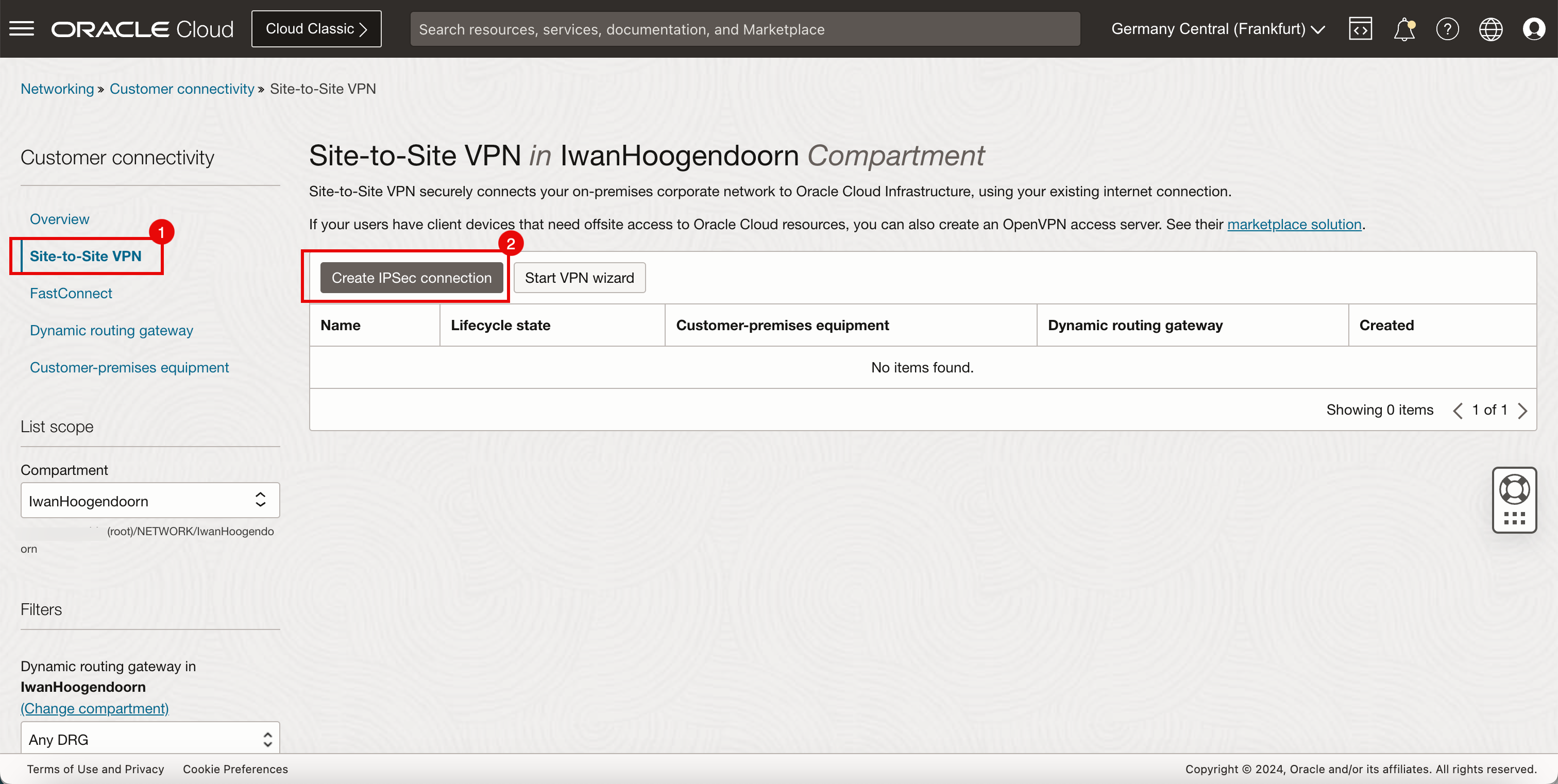

タスク3: OCIでのサイト間VPNの作成

OCIサイト間VPNを構成するには、OCI側とオンプレミス側の2つの端で構成を実行する必要があります。

-

OCI側を構成します。

- 「サイト間VPN」をクリックします。

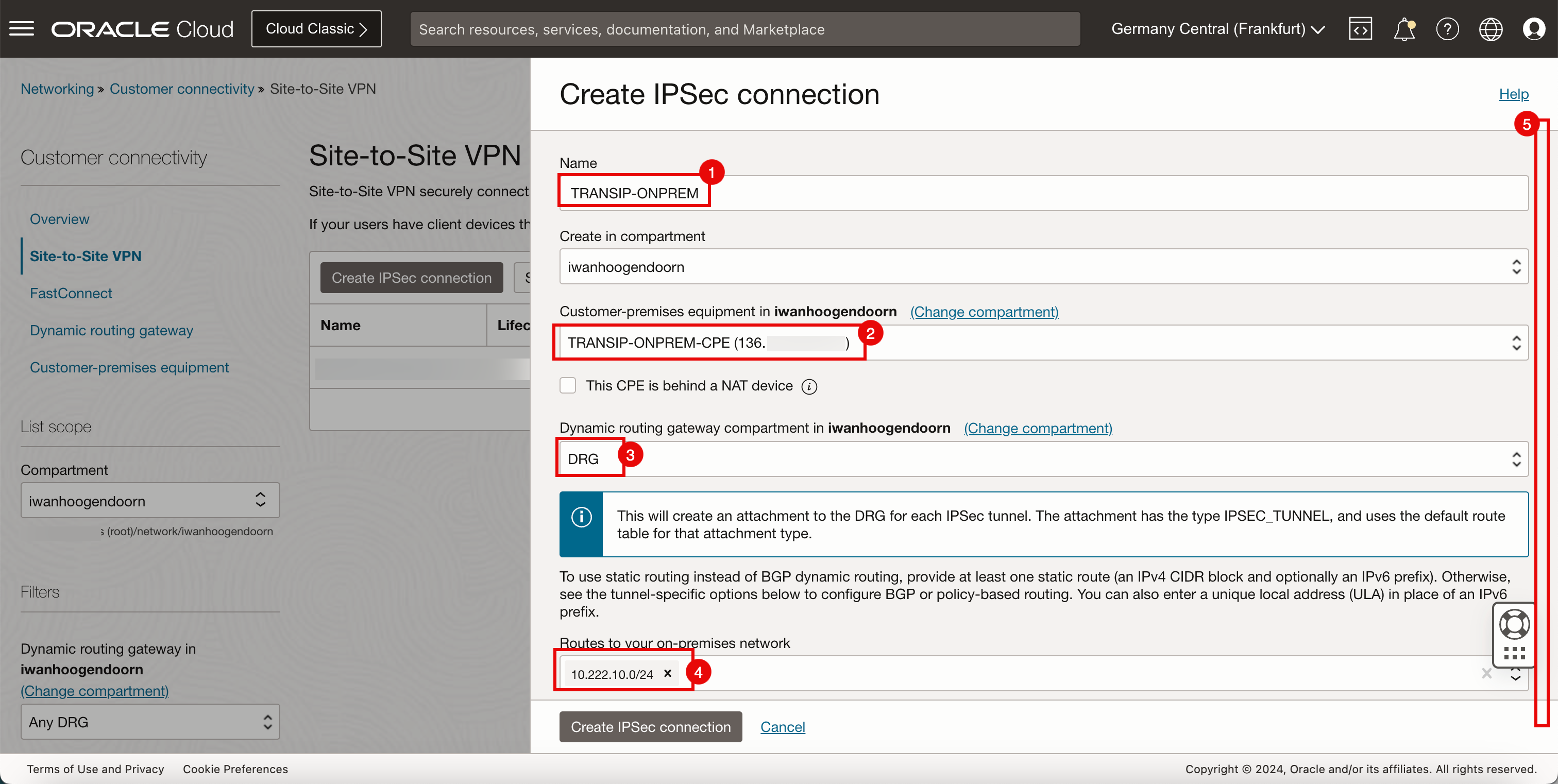

- 「Create IPSec connection」をクリックします。

- IPSec接続の名前を入力します。

- タスク2で作成したCPEを選択します。

- このIPSec接続を終了するために使用するDRGを選択します。

- OCIネットワークからトラフィックをルーティングするオンプレミス・ロケーションの「オンプレミス・ネットワークへのルート」(LAN)を選択します。

- 下へスクロール

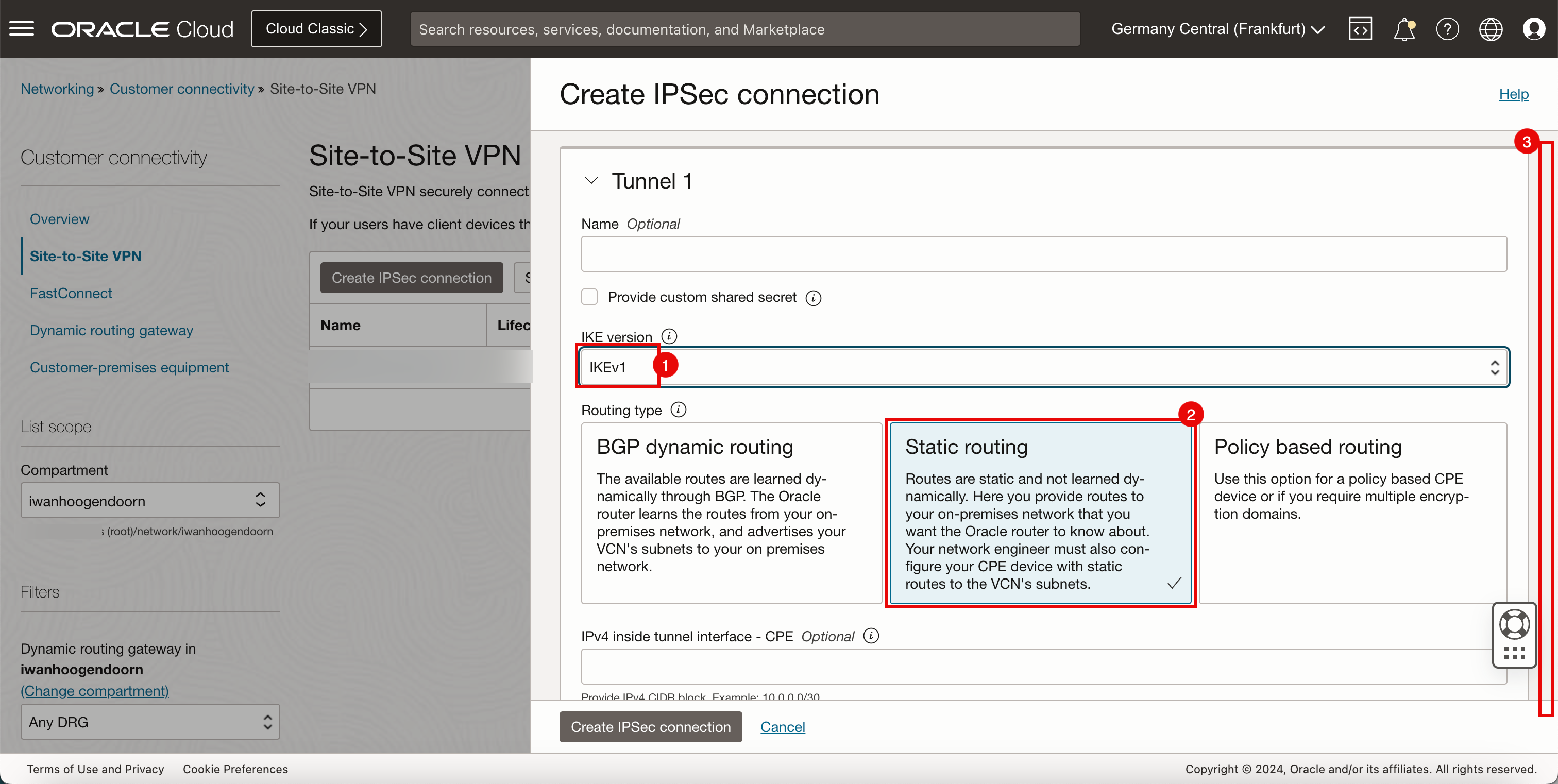

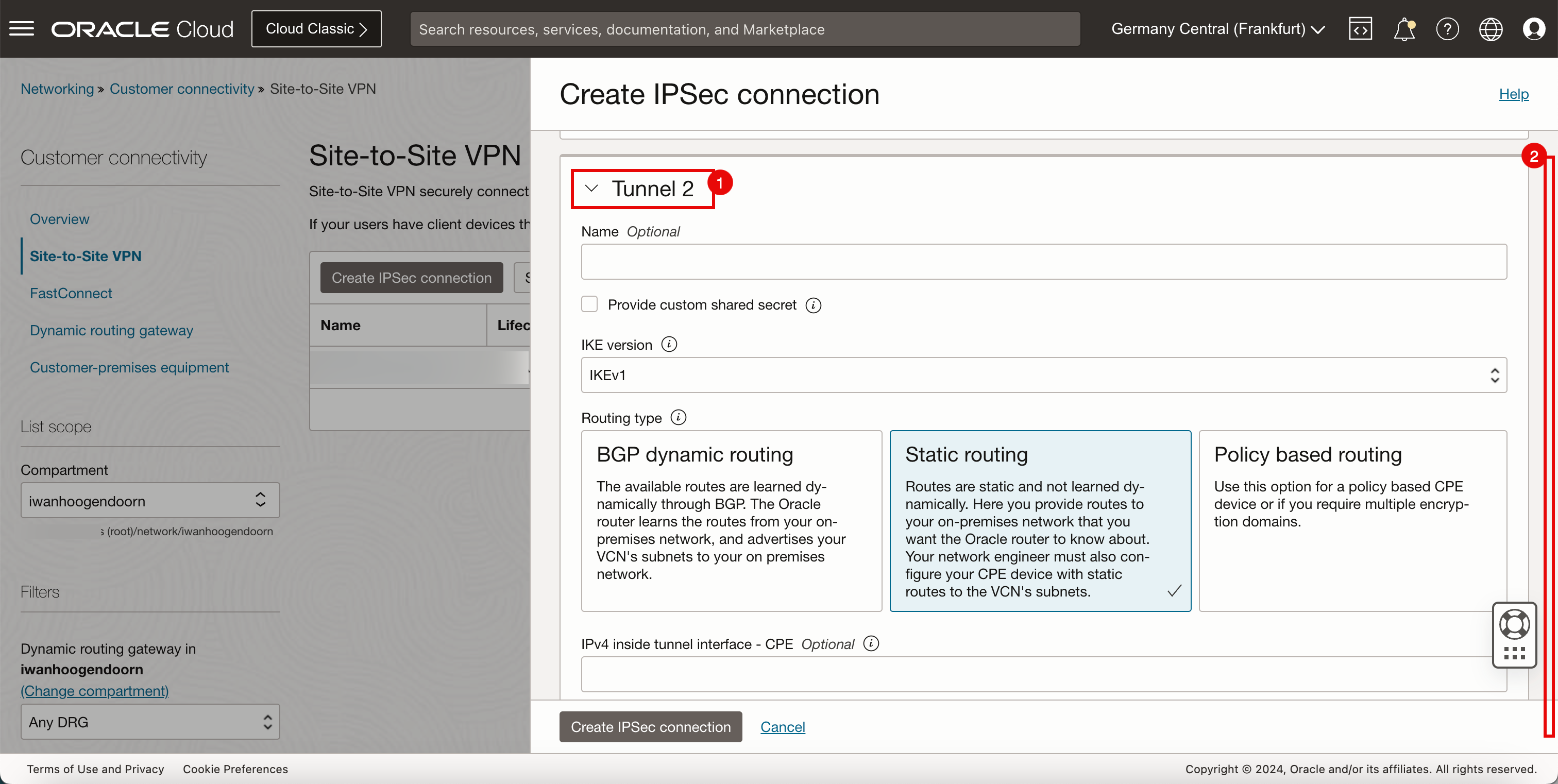

- 「IKEバージョン」で、

IKEv1を選択します。 - 「ルーティング・タイプ」で、「静的ルーティング」を選択します。

- 下へスクロール

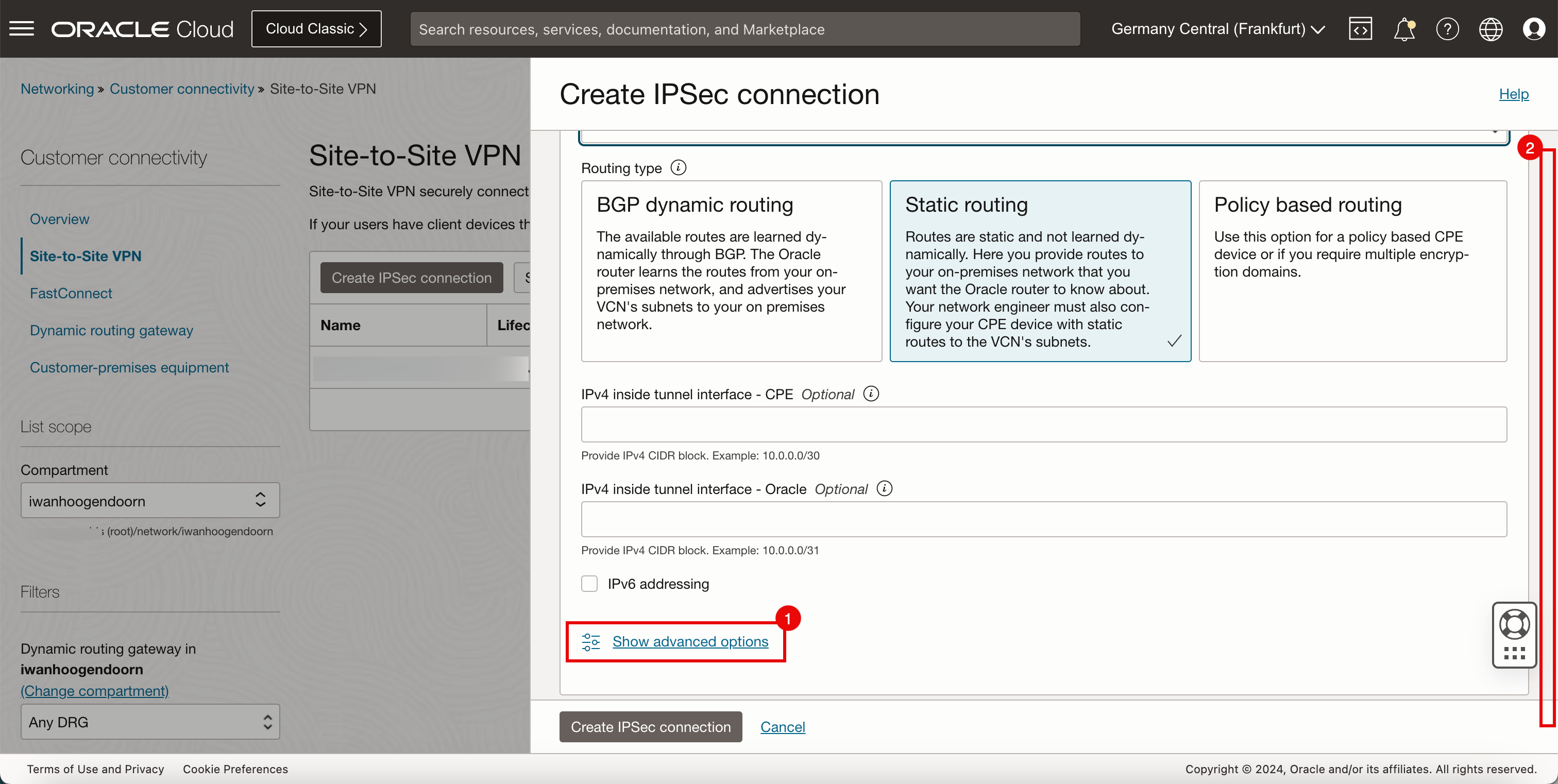

- 「拡張オプションの表示」をクリックします。

- 下へスクロール

-

OCIでは、デフォルトで2つのトンネルを作成して構成する必要があります。最初のトンネルを設定します。

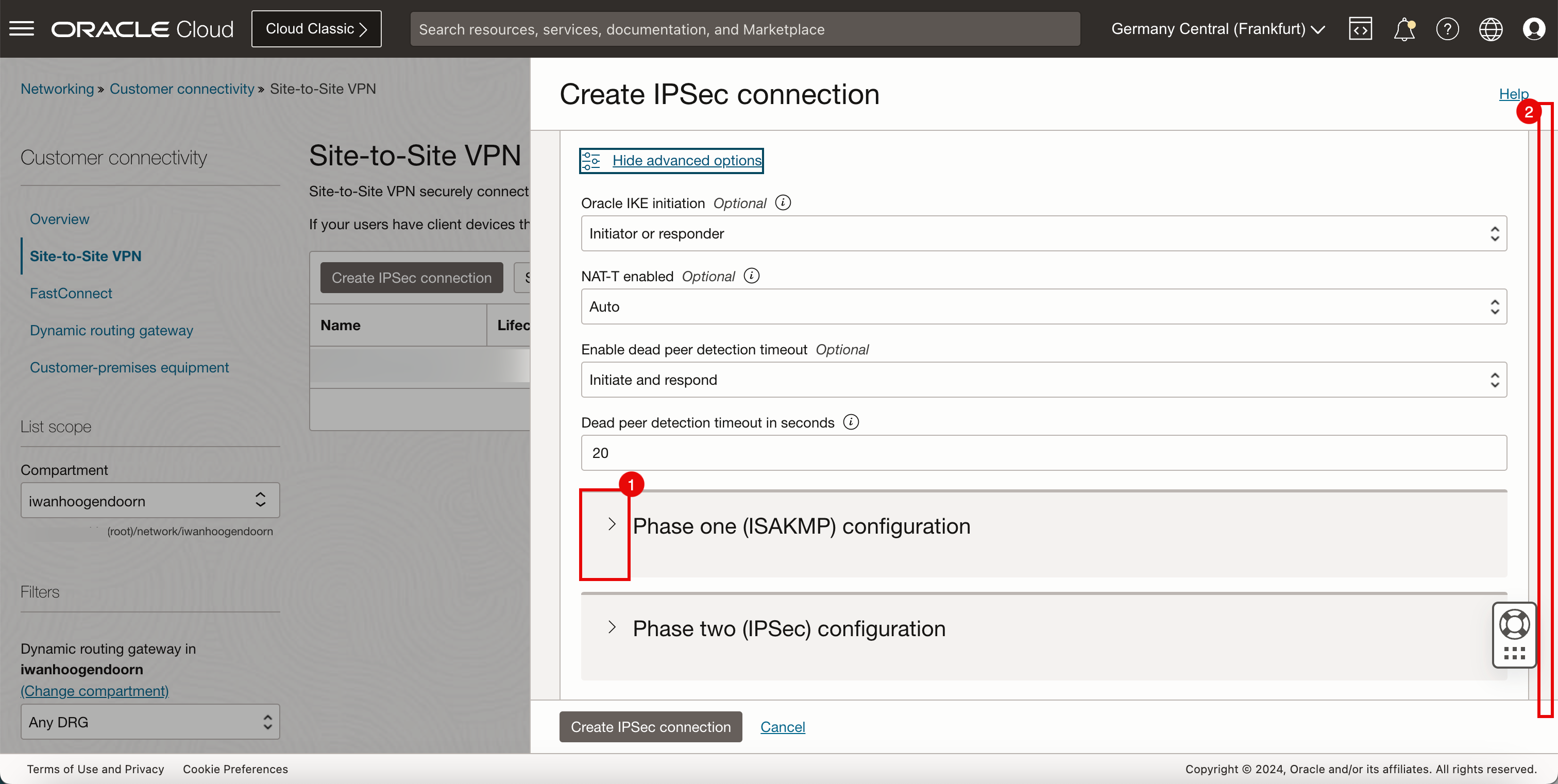

- フェーズ1 (ISAKMP).configurationの右角括弧(>)をクリックします。

- 下へスクロール

-

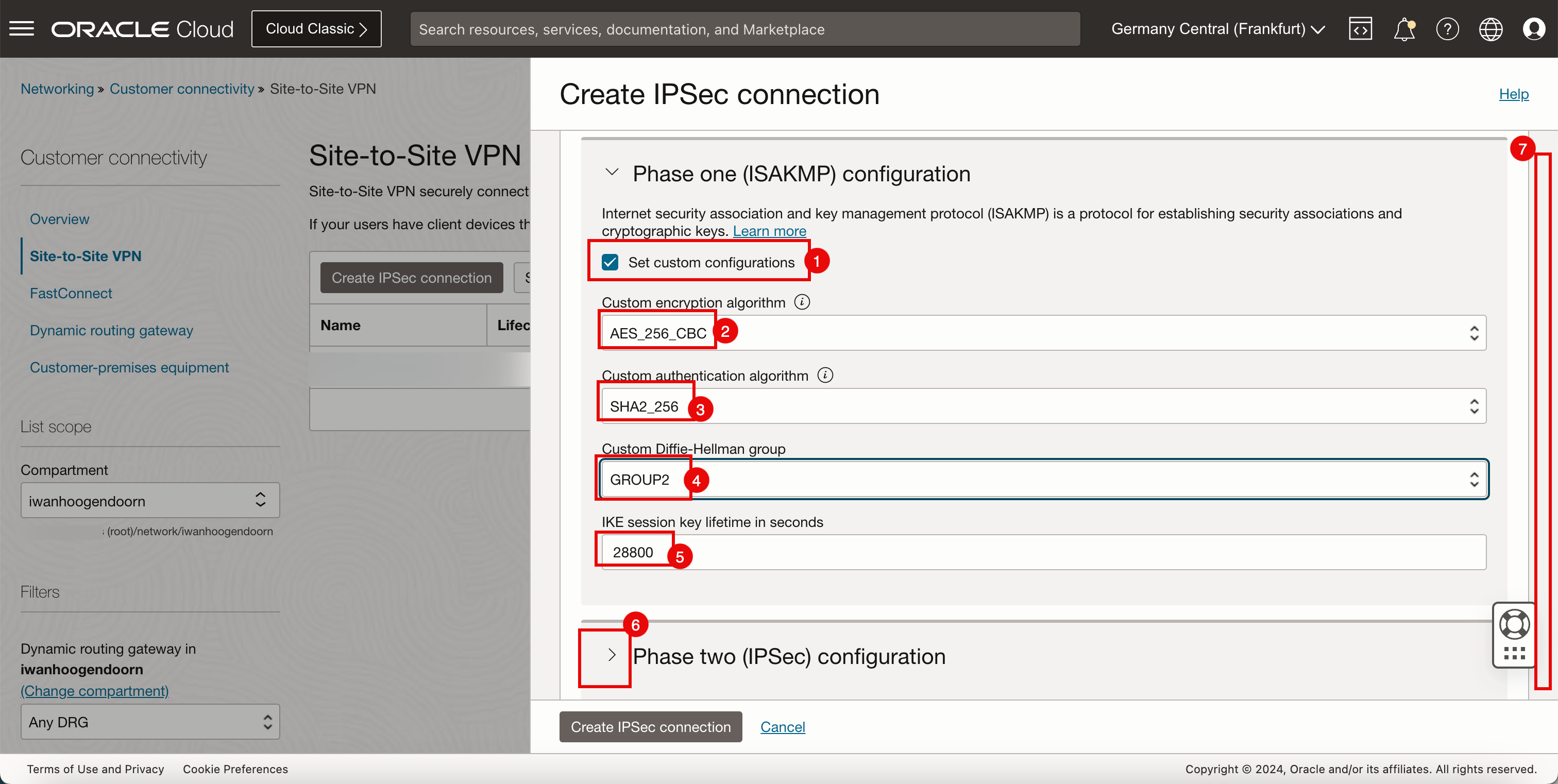

「フェーズ1 (ISAKMP)構成」セクションで、次の情報を入力します。

- 「カスタム構成の設定」を選択します。

- 「カスタム暗号化アルゴリズム」で、

AES_256_CBCを選択します。 - 「カスタム認証アルゴリズム」で、

SHA_256を選択します。 - 「カスタムDiffie-Hellmanグループ」で、

GROUP 2を選択します。 - 「IKEセッション・キー存続期間(秒)」は、デフォルトで

288500秒のままにします。 - フェーズ2 (IPSec)構成の右角カッコ(>)をクリックします。

- 下へスクロール

-

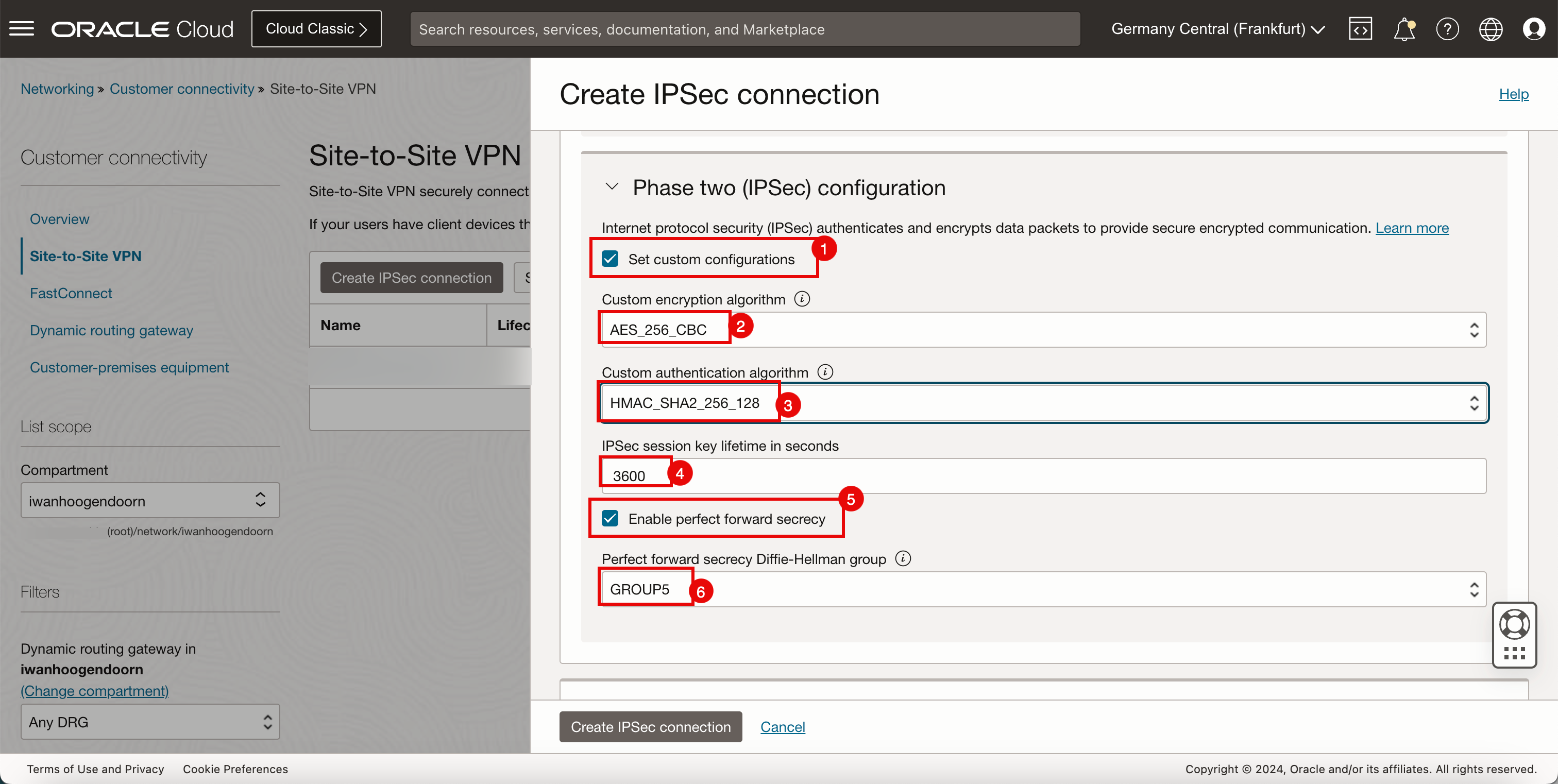

「フェーズ2 (IPSec)構成」セクションで、次の情報を入力します。

- 「カスタム構成の設定」を選択します。

- 「カスタム暗号化アルゴリズム」で、

AES_256_CBCを選択します。 - 「カスタム認証アルゴリズム」で、

HMAC_SHA2_256_128を選択します。 - IPSecセッション・キー存続期間(秒)は、デフォルトで

3600秒のままにします。 - 「Enable perfect forward secrecy」を選択します。

- 「完全なフォワード・シークレットのDiffie-Hellmanグループ」で、

GROUP 5を選択します。

-

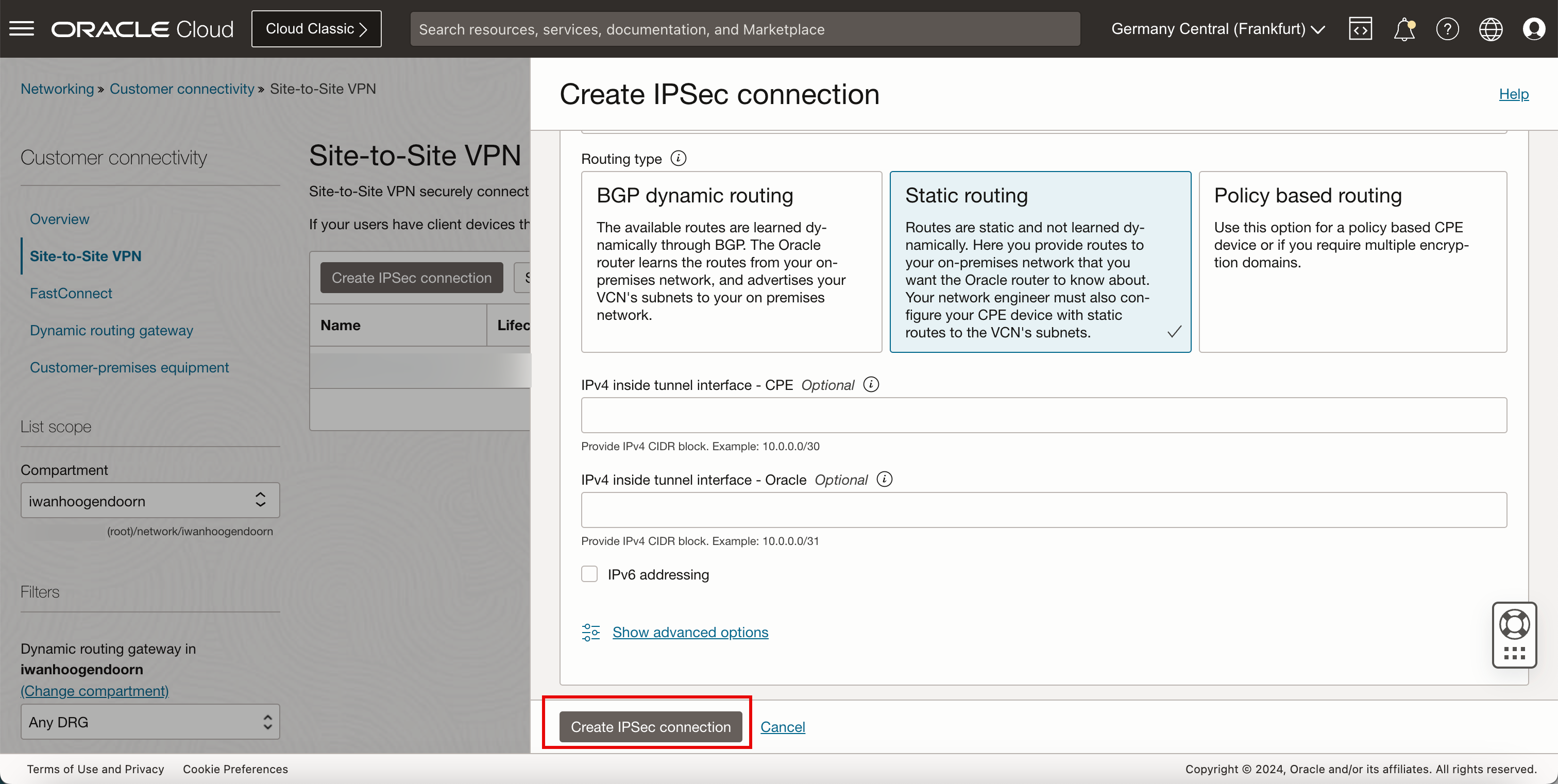

2番目のトンネルを構成します。

- 最初のトンネルで使用されるものと同じ構成詳細を使用します。

- 下へスクロール

-

「Create IPSec connection」をクリックします。

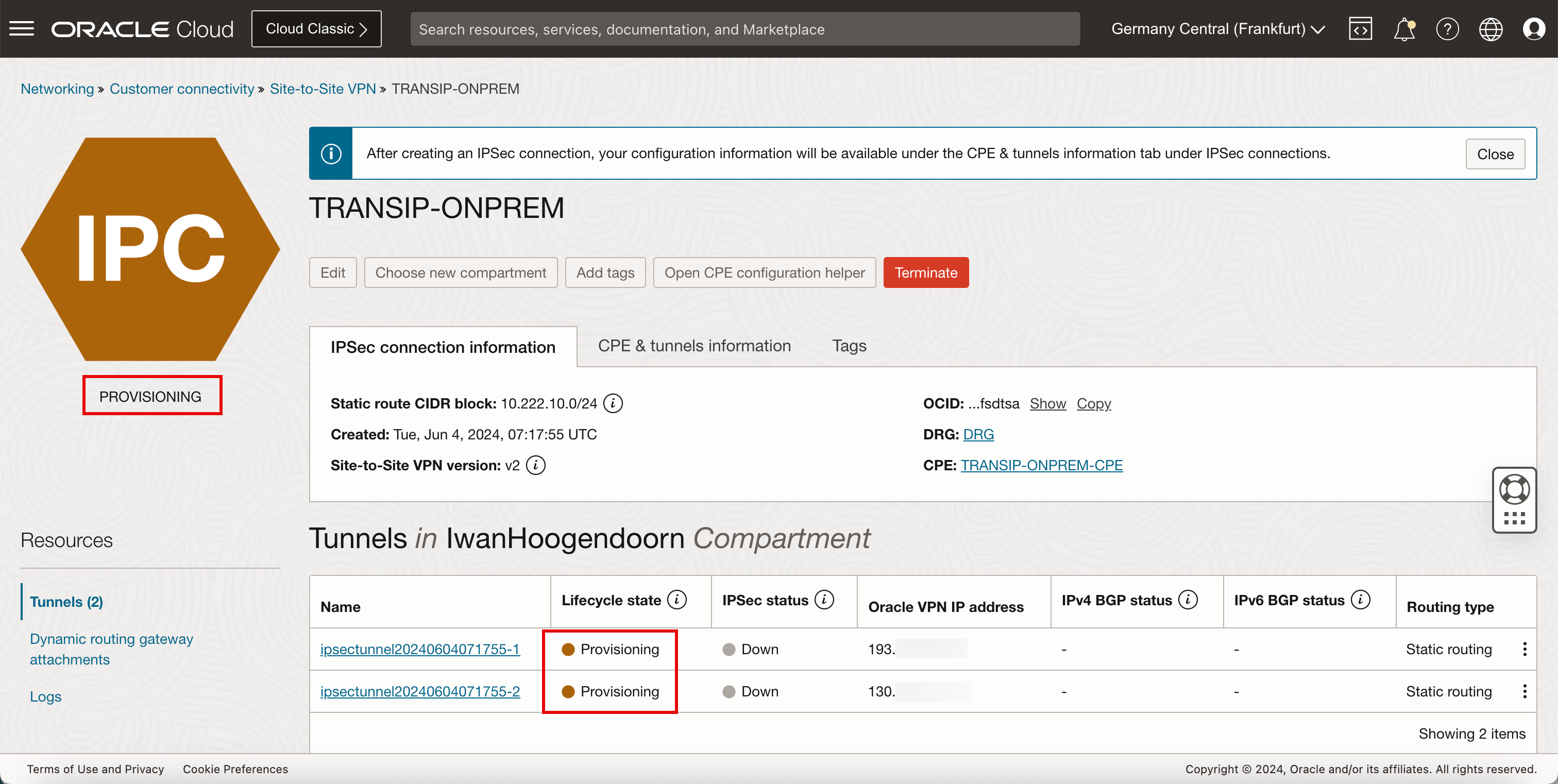

-

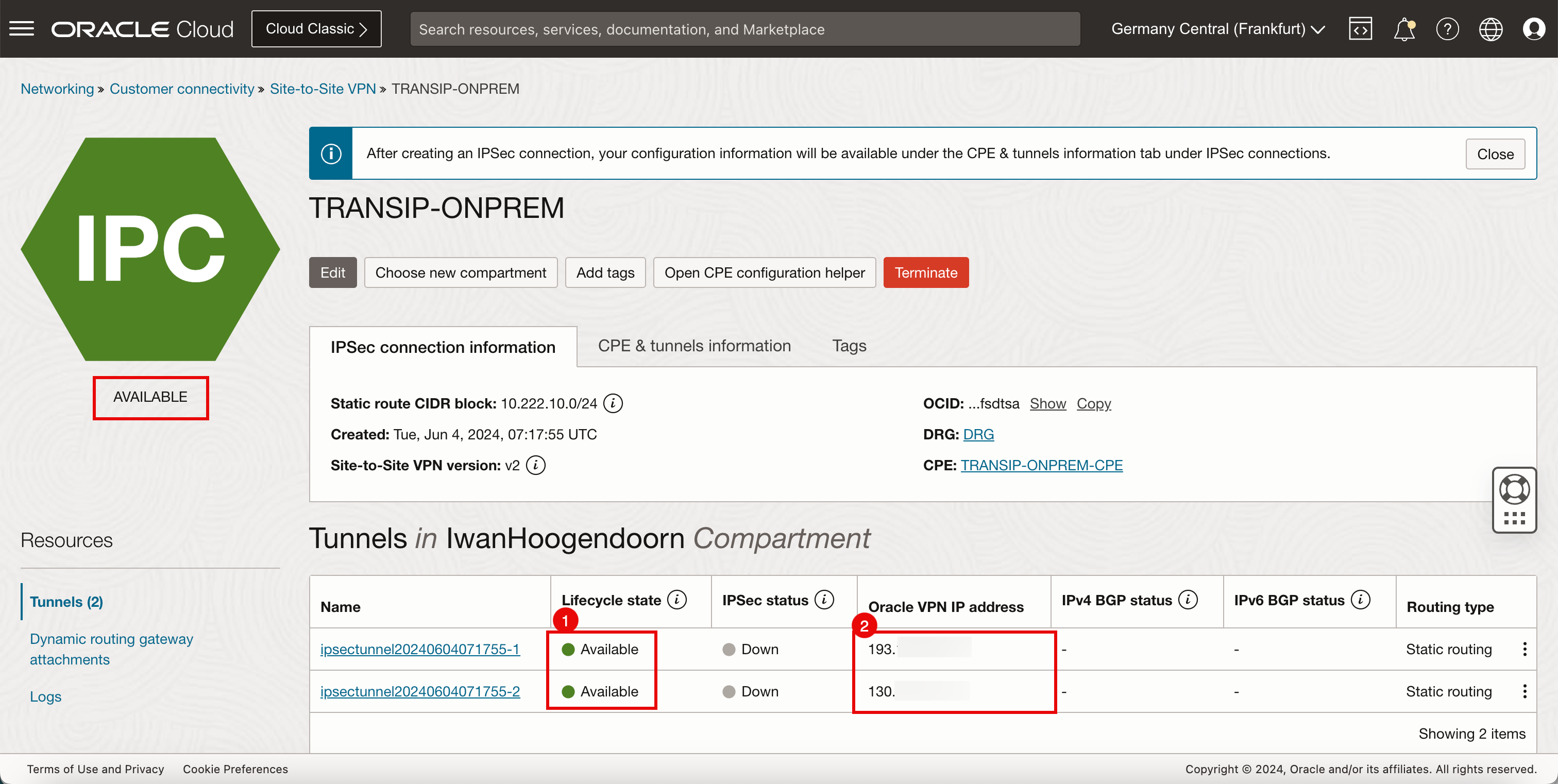

両方のIPSecトンネルの「ライフサイクルの状態」が「プロビジョニング中」であることに注意してください。

- 状態が「使用可能」に変更されることに注意してください。

- 保存する必要があるOracle VPN IPアドレスを書き留めます。これらのIPアドレスは、オンプレミス・トンネルを構成するために必要です。

ノート: 2つのIPSecトンネルのいずれかのみを使用するため、最初のトンネル構成のみに集中するため、最初のIPSecトンネルの最初のIPアドレスの収集と保存のみを行います。

-

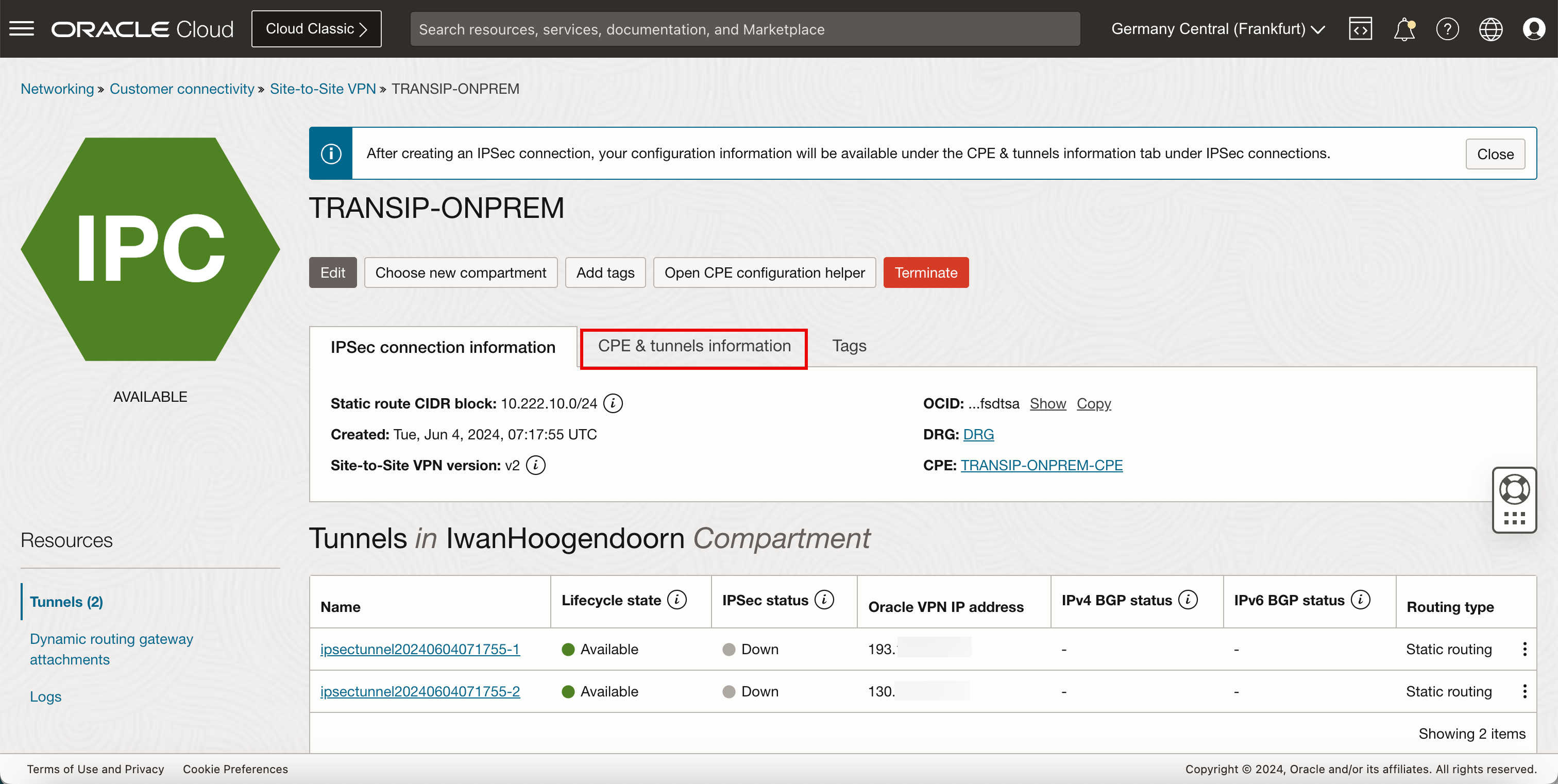

「CPEおよびトンネル情報」をクリックします。

-

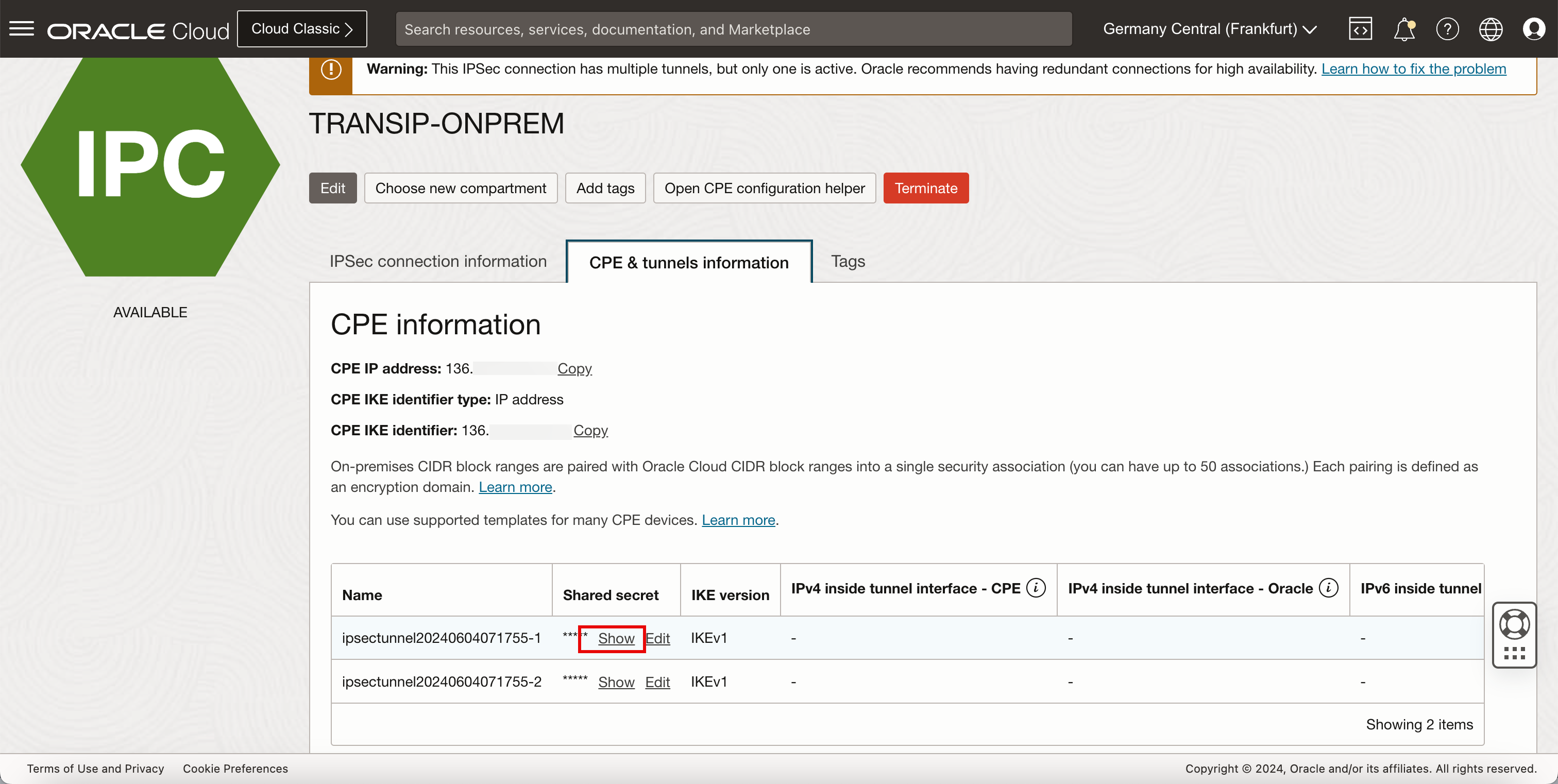

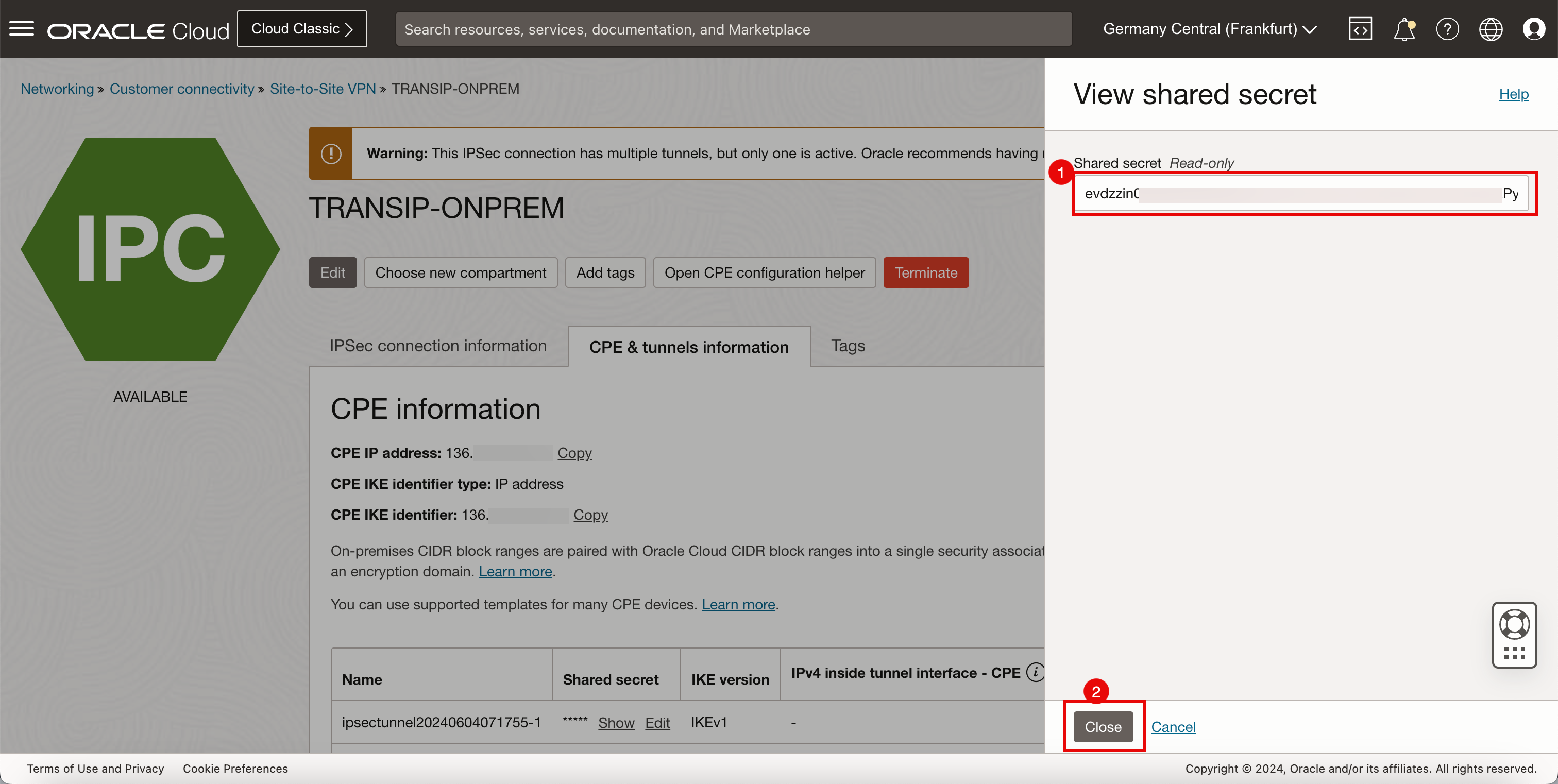

「表示」をクリックします。

- 「共有秘密キー」が自動生成されることに注意してください。この秘密キーは、トンネルの反対側(オンプレミス)を構成するために必要です。

- 「閉じる」をクリックします。

タスク4: オンプレミス・サブネットのハブおよびスポークVCNルーティングの構成

To route network traffic coming from the on-premises network within our Hub and Spoke network architecture, we need to make some changes to Dynamic Routing Gateways (DRG) and VCN route tables.

次の図は、ルーティング表を示しています。これが開始点です。

タスク4.1: ルート・インポートの更新

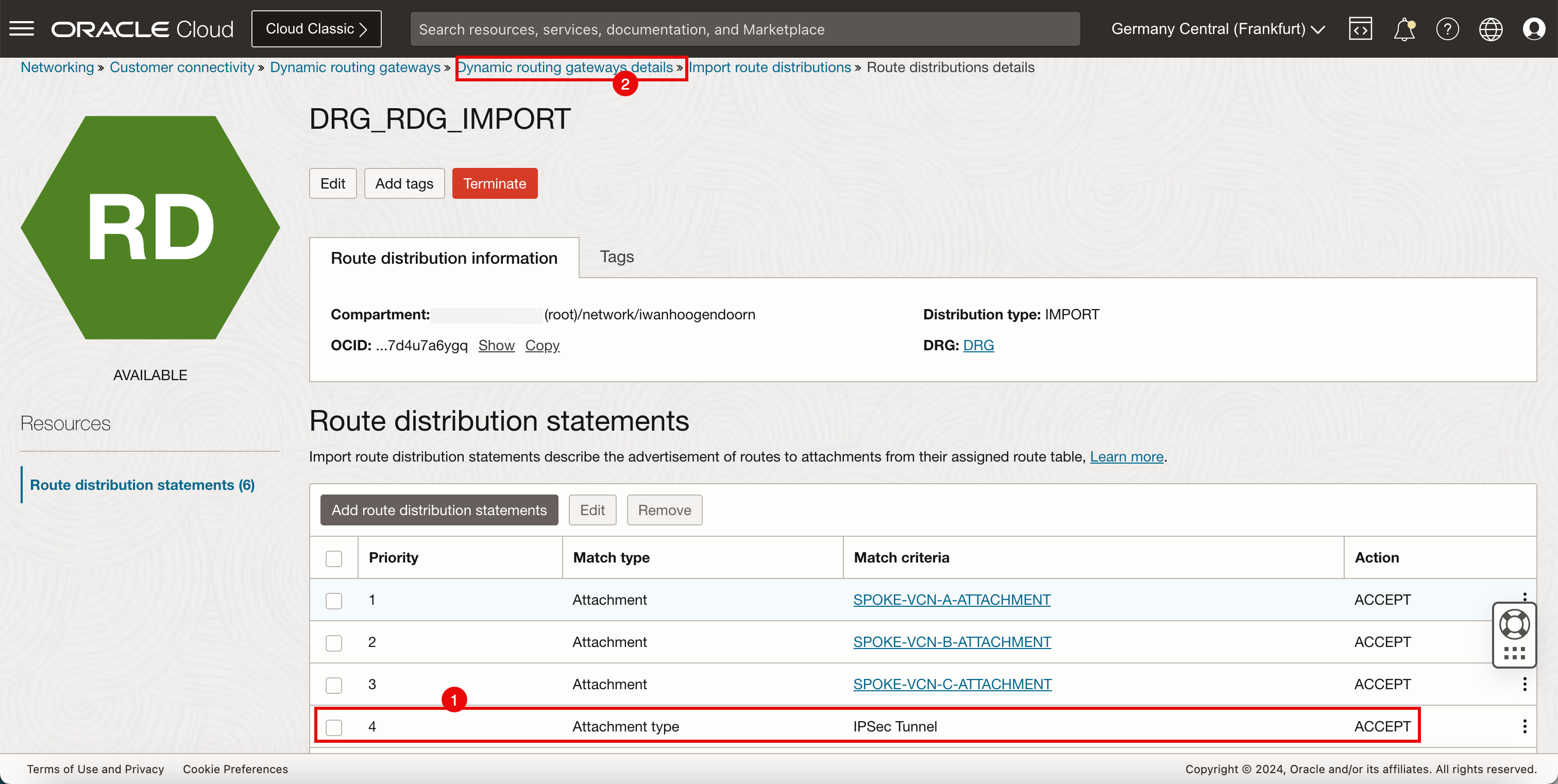

-

DRGでルート・ディストリビューション・グループ(

DRG_RDG_IMPORT)を更新します。IPSecトンネル・アタッチメント・タイプ(優先度4)を追加します。優先度 一致のタイプ 一致条件 アクション 1 添付 SPOKE_VCN - 添付ファイル(_A) ACCEPT 2 添付 SPOKE_VCN - B_ATTACHMENT ACCEPT 3 添付 SPOKE_VCN-C_ATTACHMENT ACCEPT 4 添付タイプ IPSecトンネル ACCEPT -

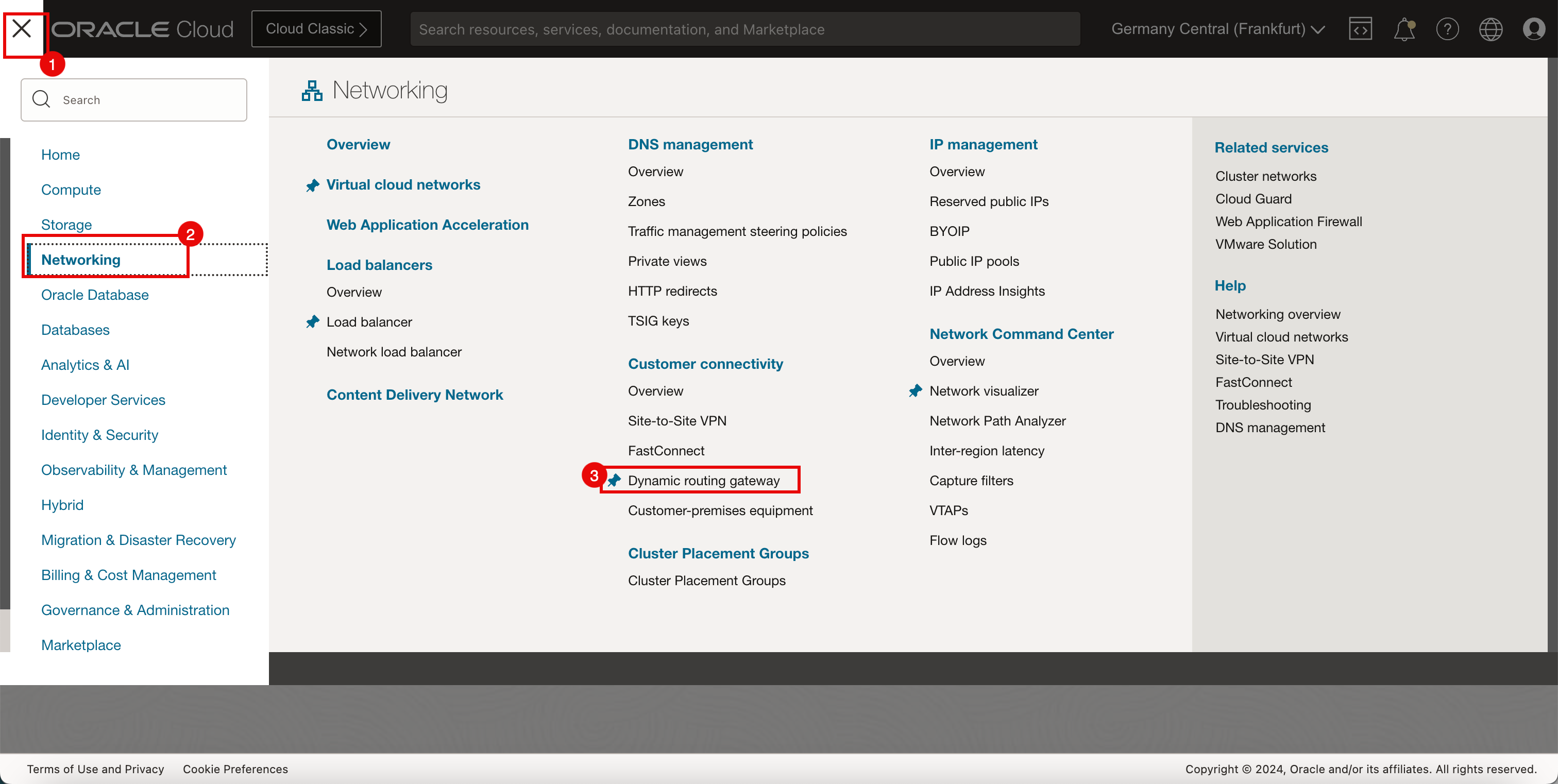

OCIコンソールに移動します。

- 左上隅のハンバーガー・メニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「Dynamic Routing Gateway」をクリックします。

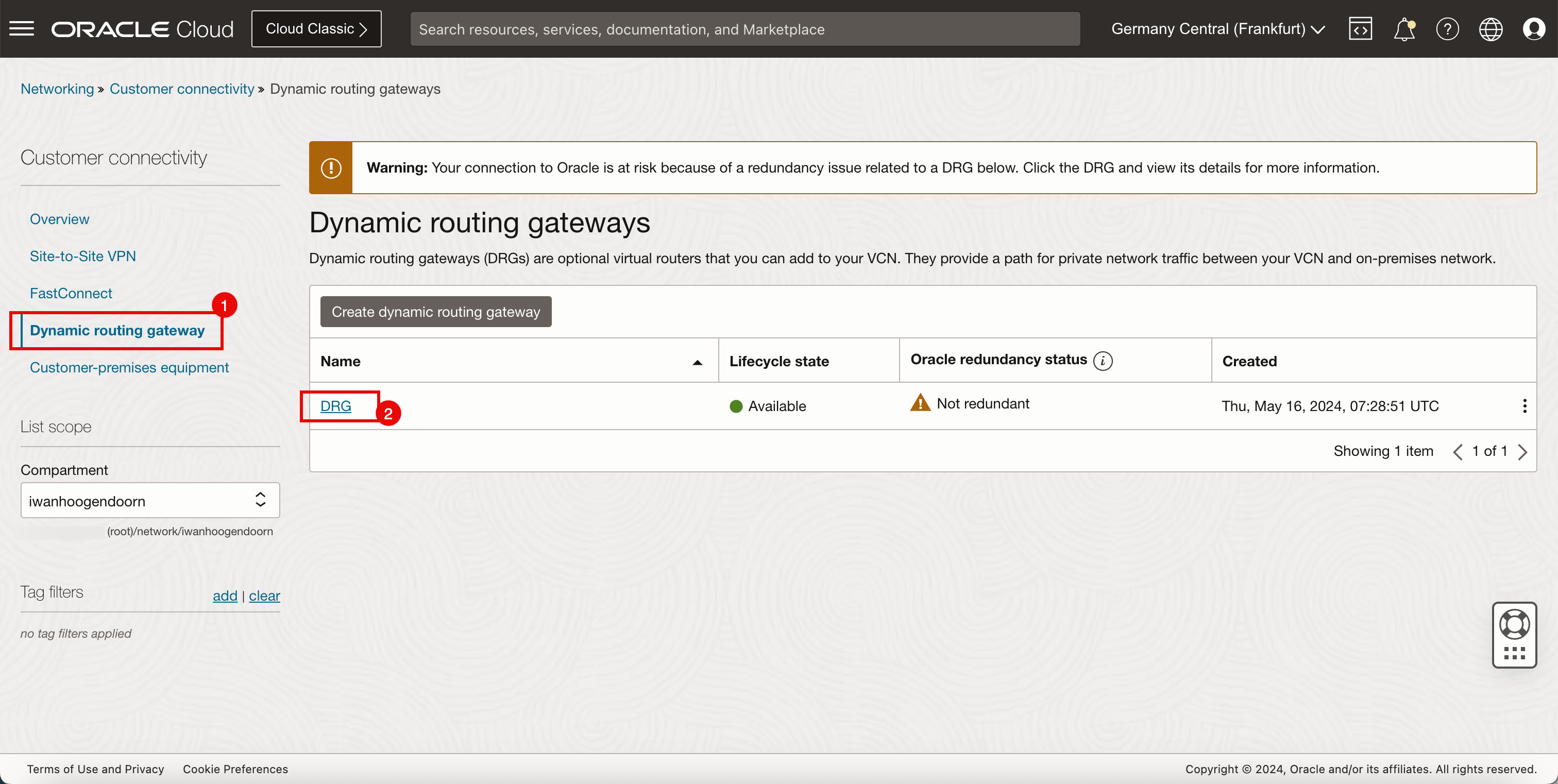

- 「Dynamic Routing Gateway」をクリックします。

- VCNルーティング環境に使用しているDRGをクリックします。

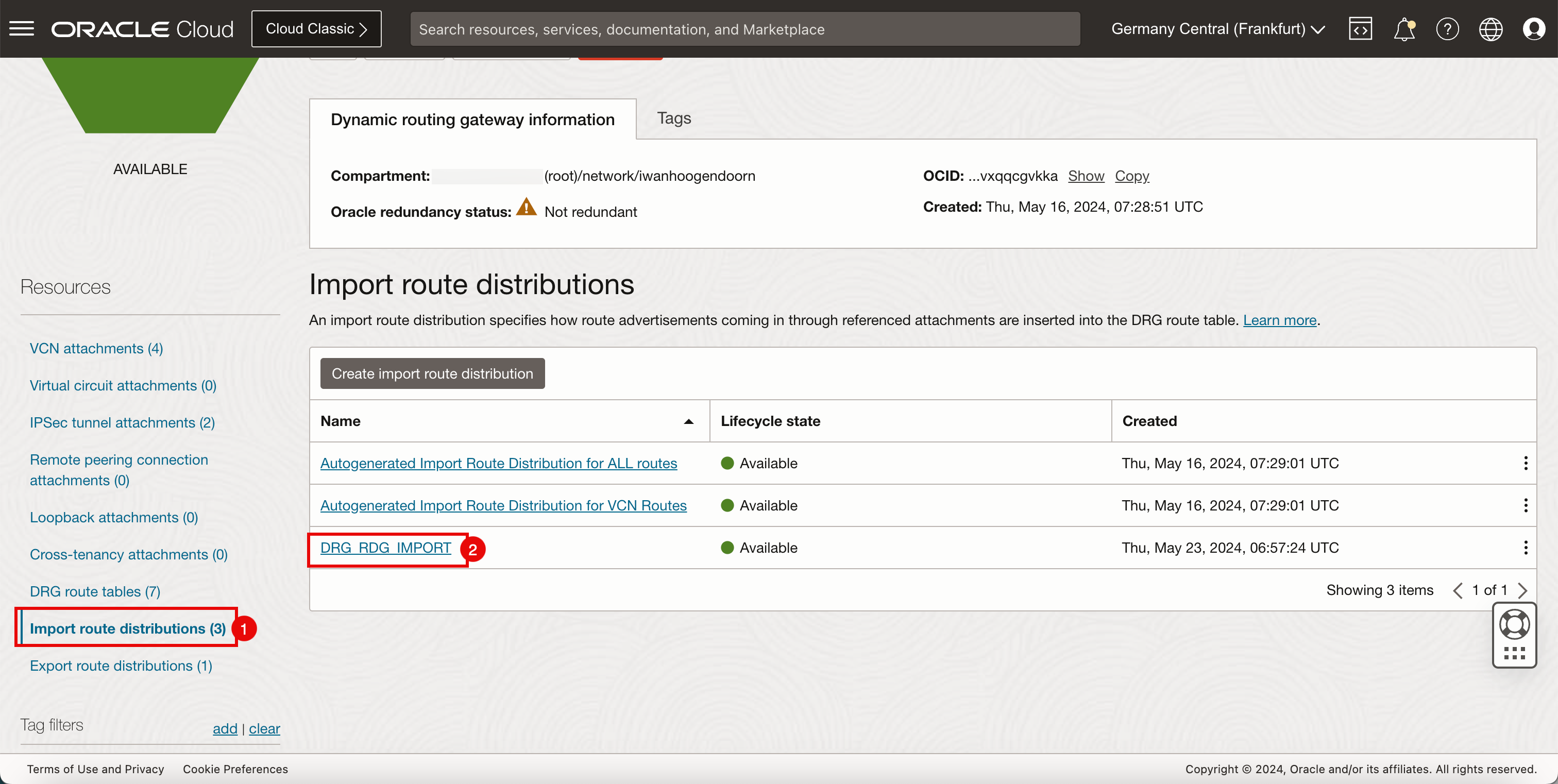

- 「ルート・ディストリビューションのインポート」をクリックします。

- 「ルート・ディストリビューションのインポート」(

DRG_RDG_IMPORT)をクリックします。

-

新しいルート配布文を追加してください。

- ルート・ディストリビューション文が正常に追加されていることを確認します。

- 「動的ルーティング・ゲートウェイの詳細」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に表現したものです。

-

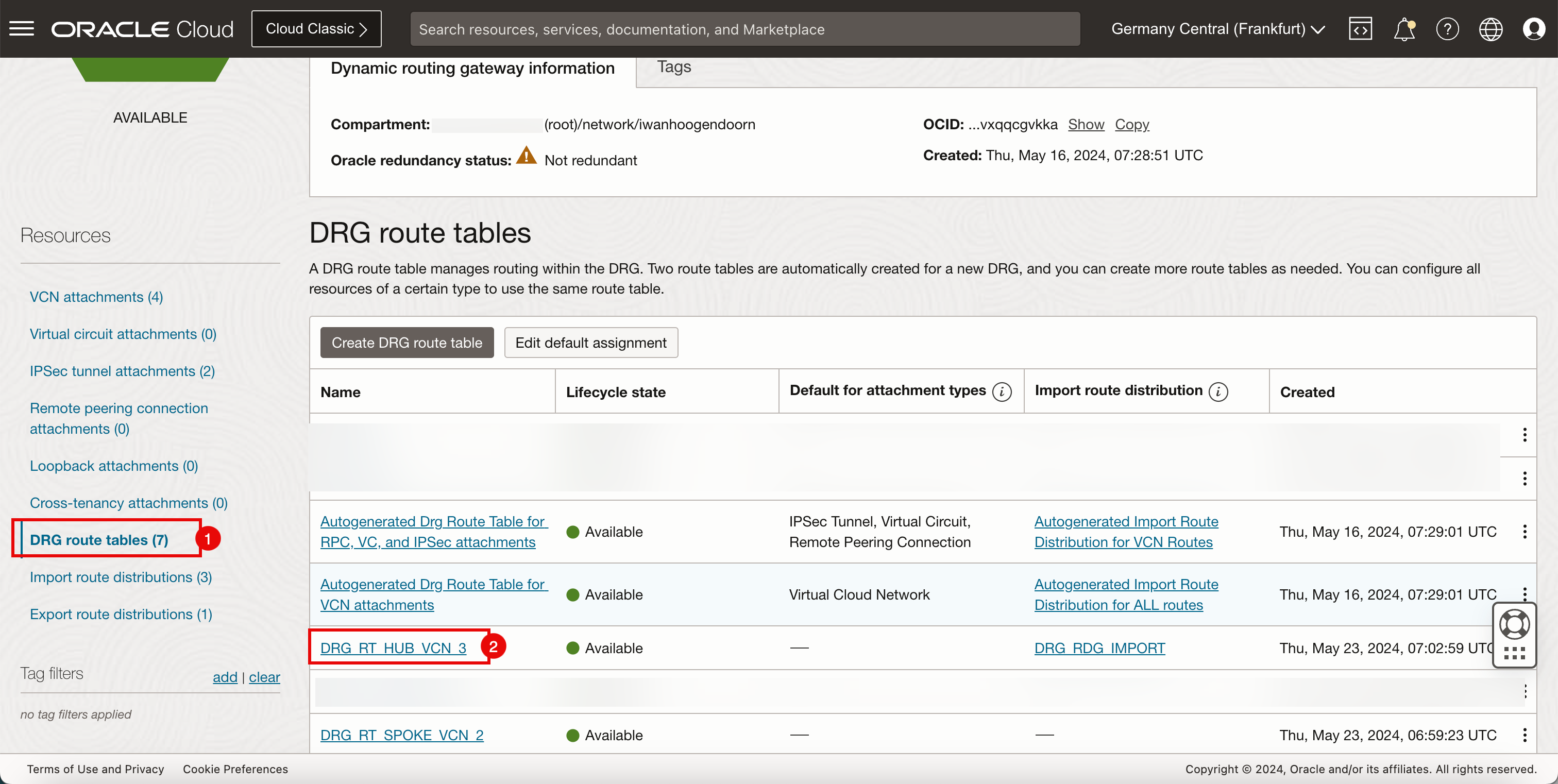

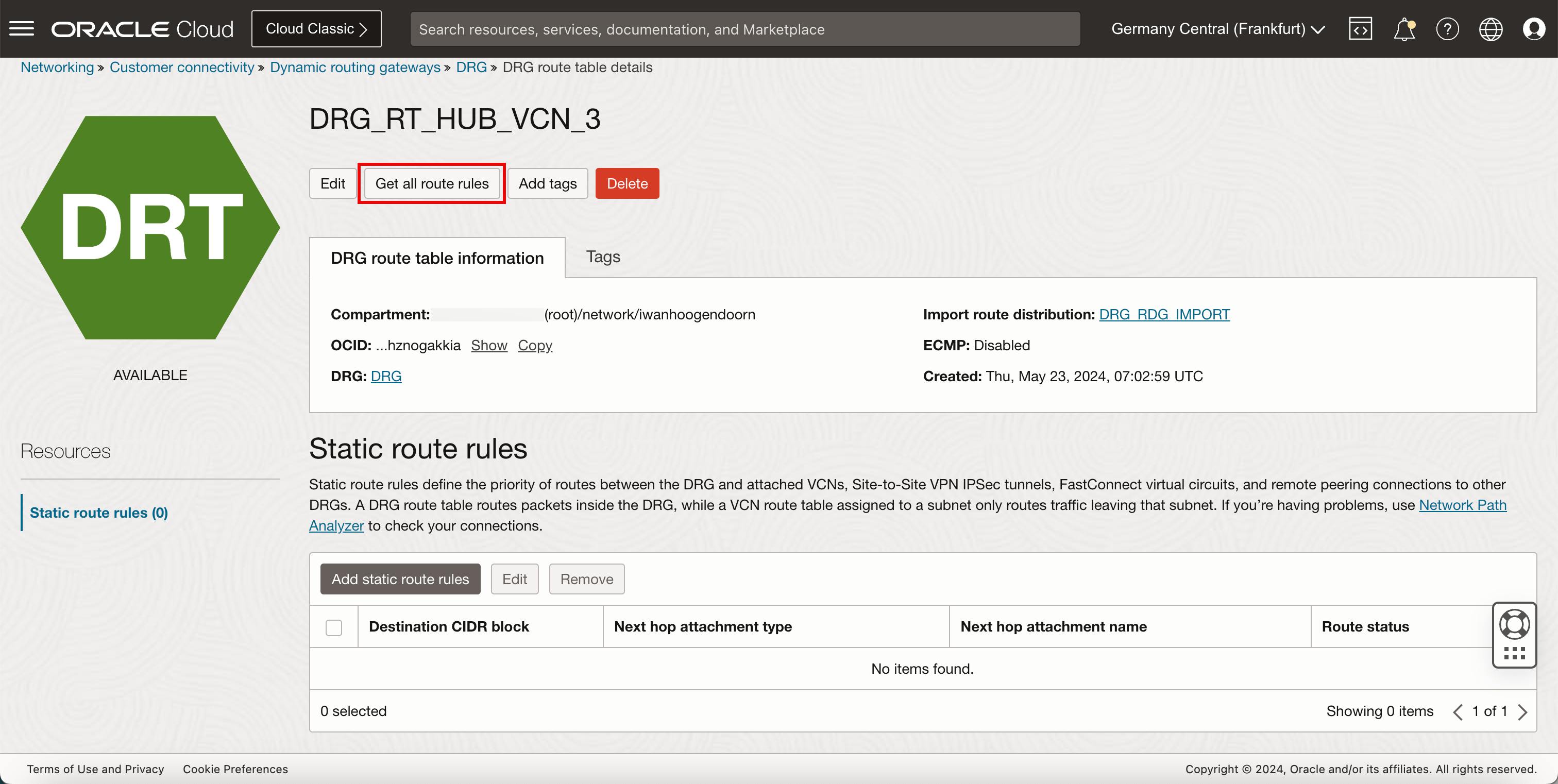

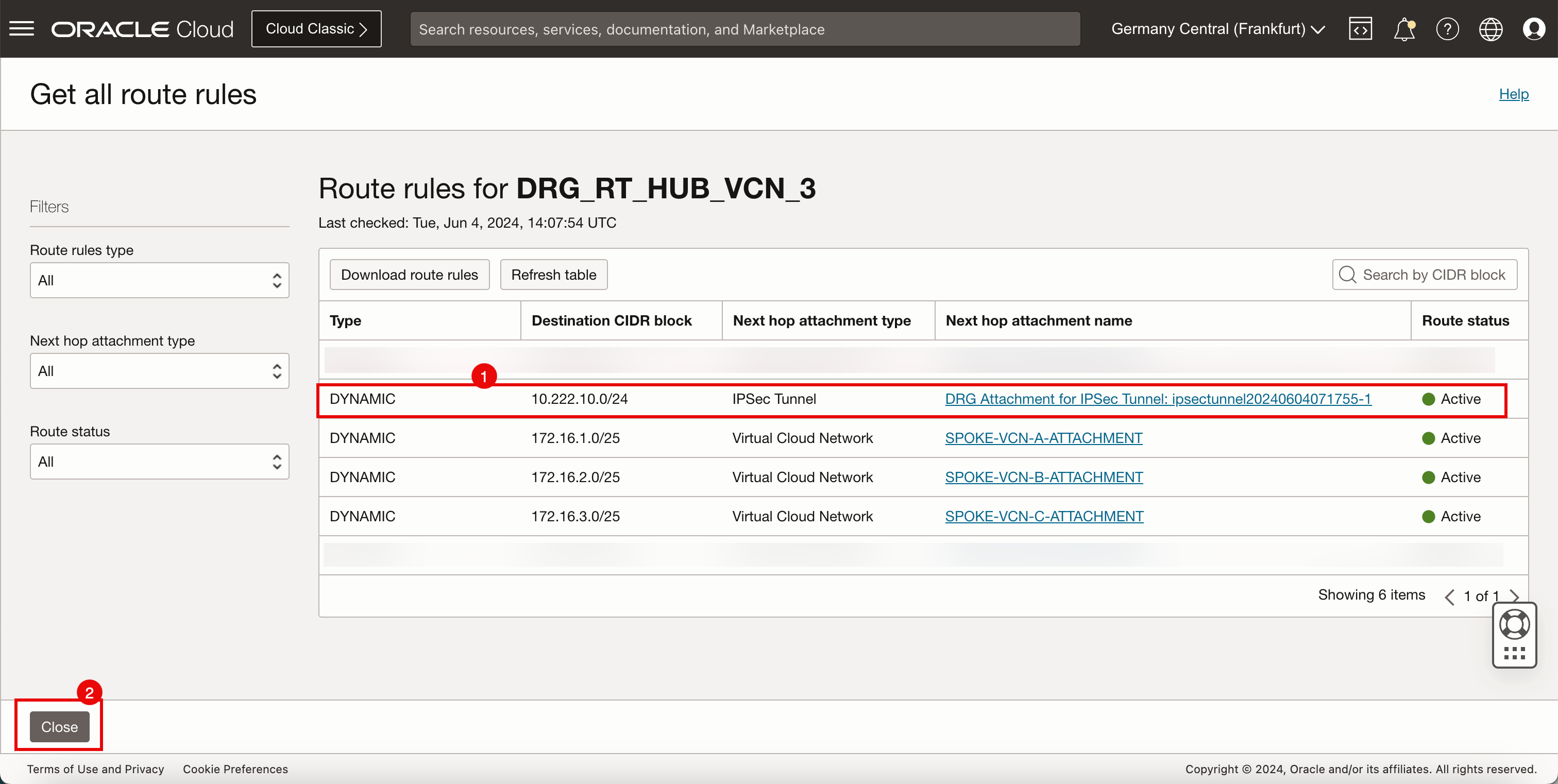

ルートは、DRGルート表

DRG_RT_HUB_VCN_3にすでにインポートされています。ノート:このDRGルート表(

DRG_RT_HUB_VCN_3)およびルート表のアタッチメントでは、スポークおよびオンプレミス(IPSec)からのすべてのネットワークがDRGで認識および学習されていることを確認し、スポークで使用可能なネットワークとスポーク・ネットワークのルーティング先をDRGが認識できるようにします。- 「DRGルート表」をクリックして確認します。

DRG_RT_HUB_VCN_3ルート表をクリックします。

-

「すべてのルート・ルールの取得」をクリックします。

- オンプレミスからのルート(

10.222.10.0/24)が表に表示されます。つまり、DRGは、IPSecトンネルを介したオンプレミス・ネットワーク(10.222.10.0/24)へのアクセス方法を認識します。 - 「閉じる」をクリックします。

- オンプレミスからのルート(

-

「DRG」をクリックして、DRGの詳細ページに戻ります。

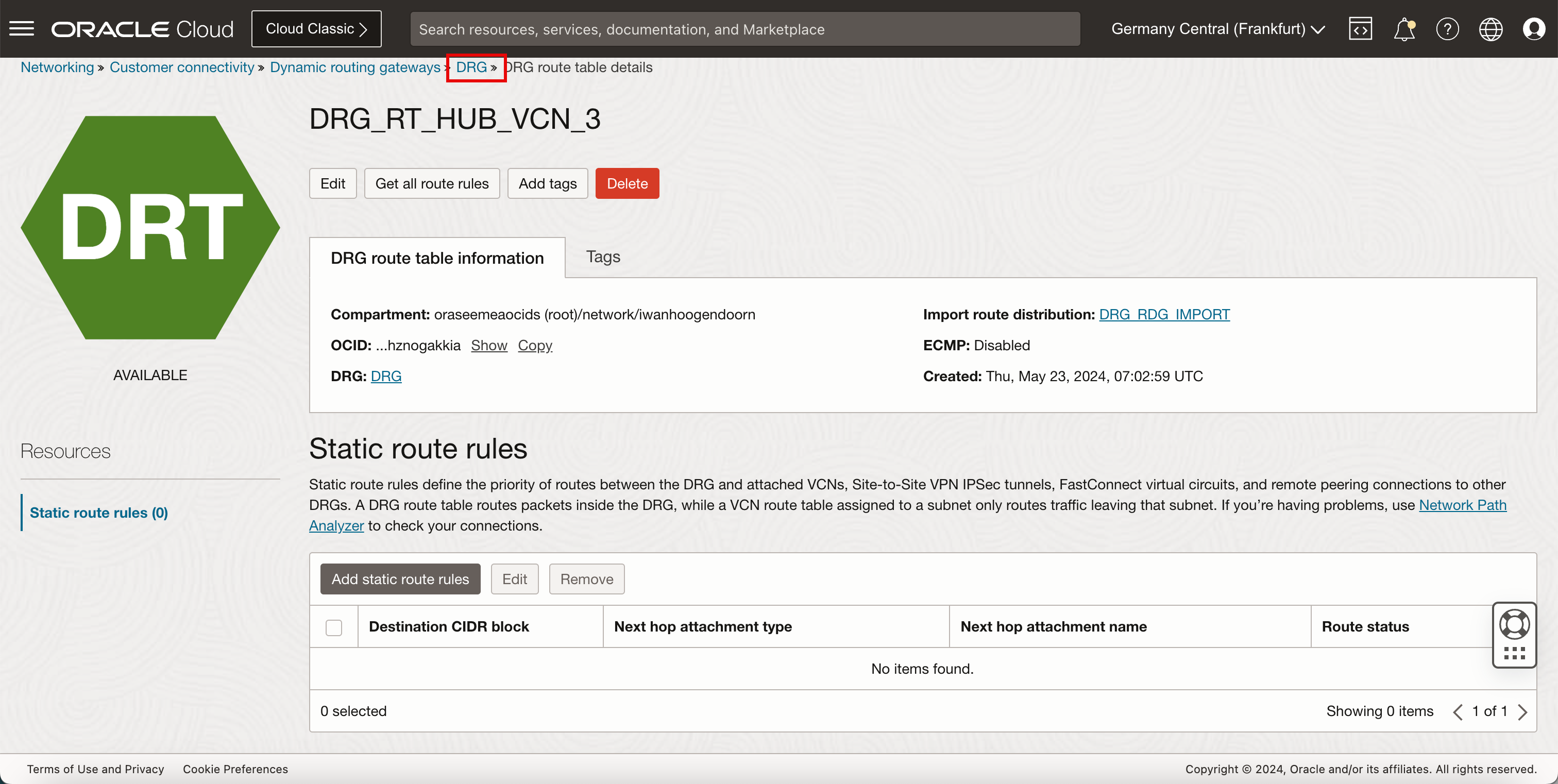

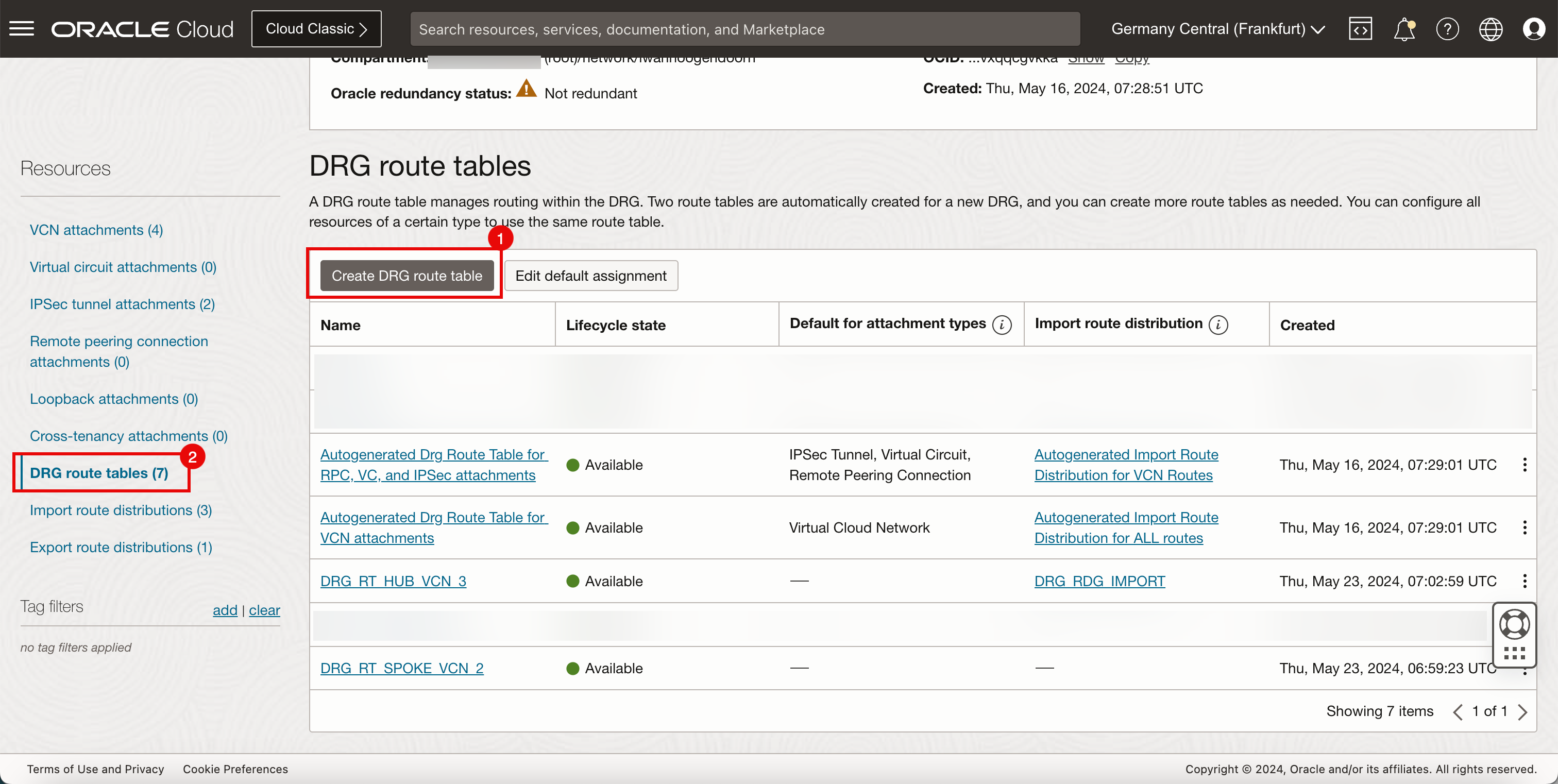

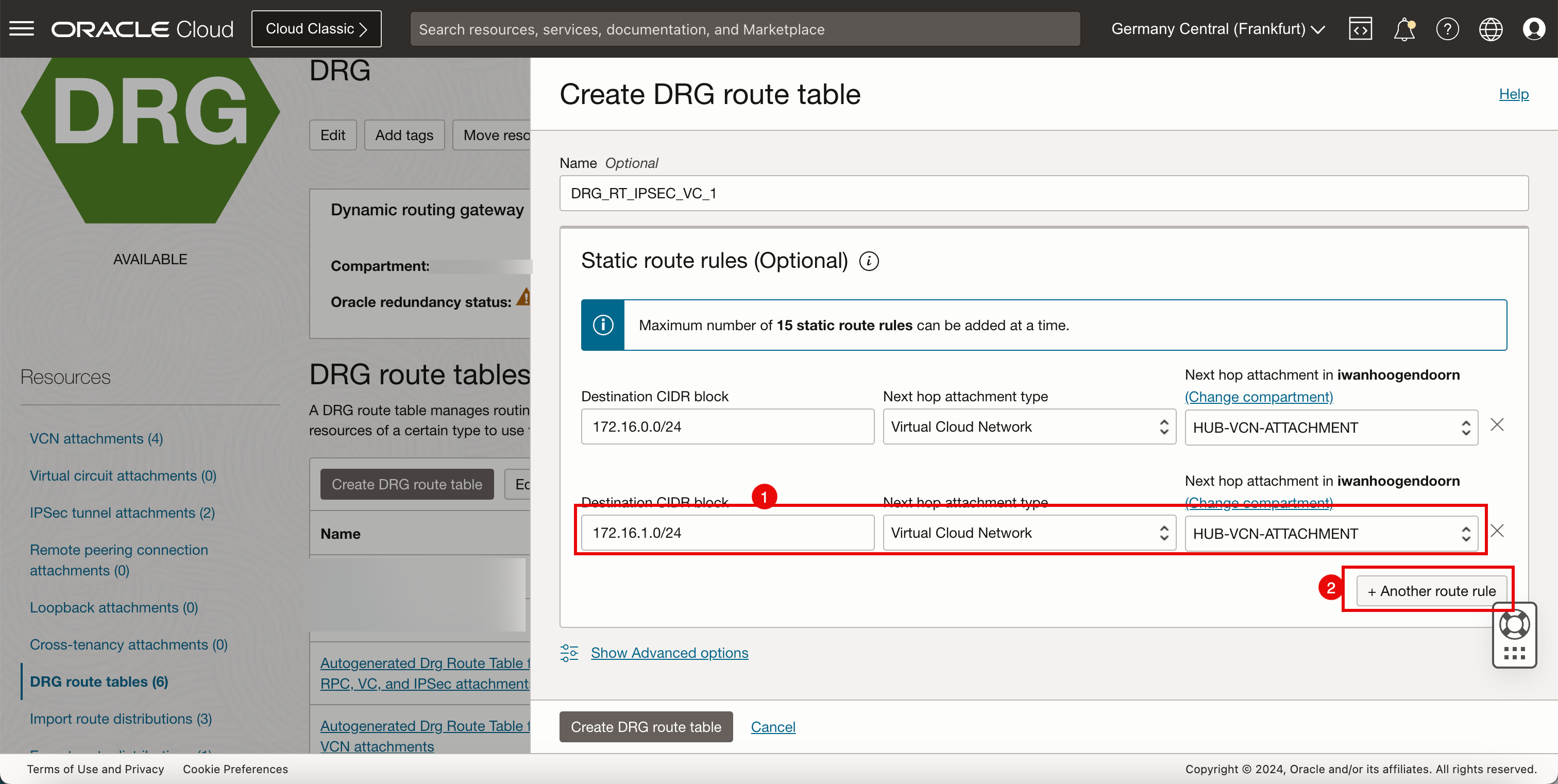

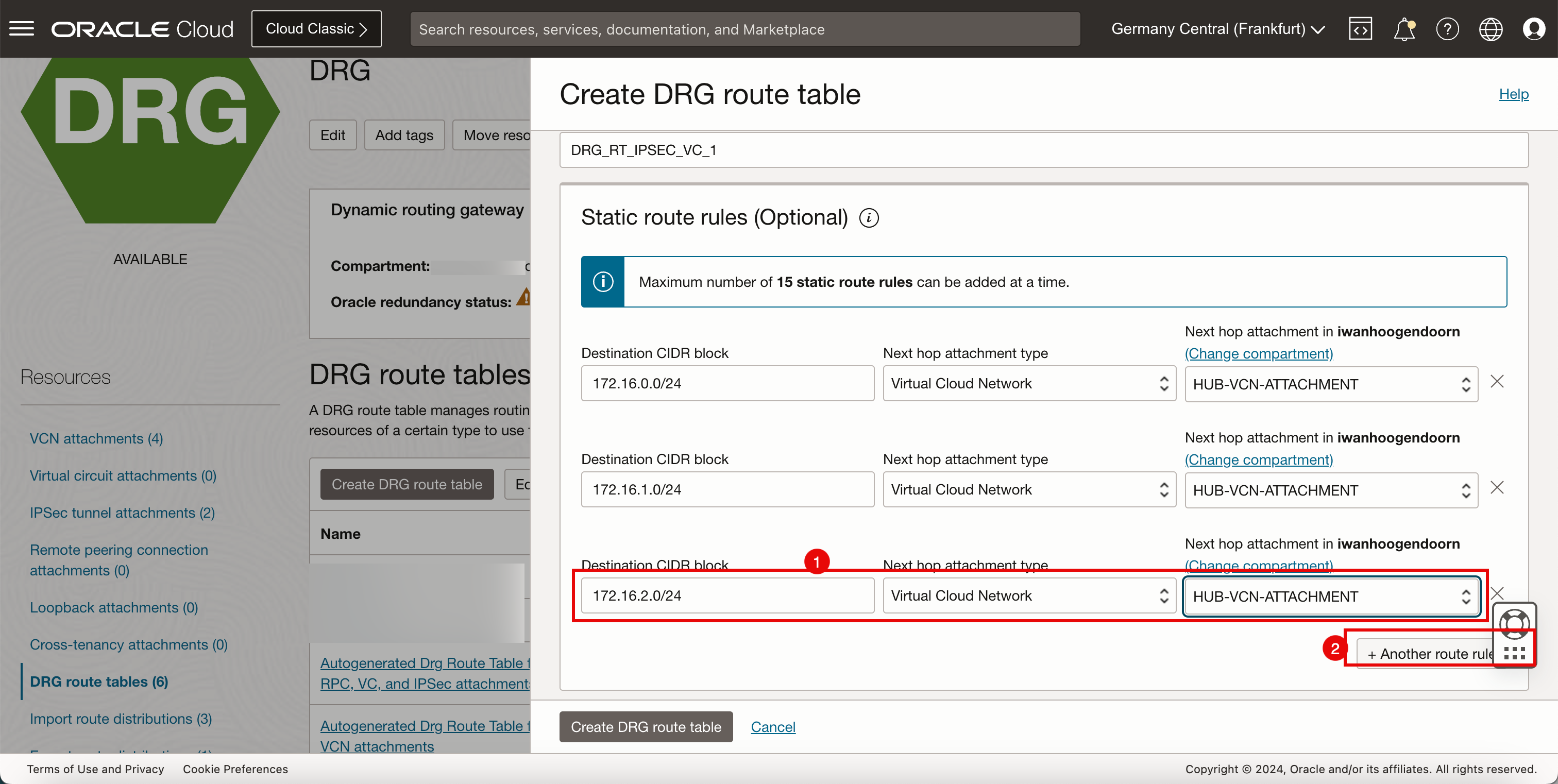

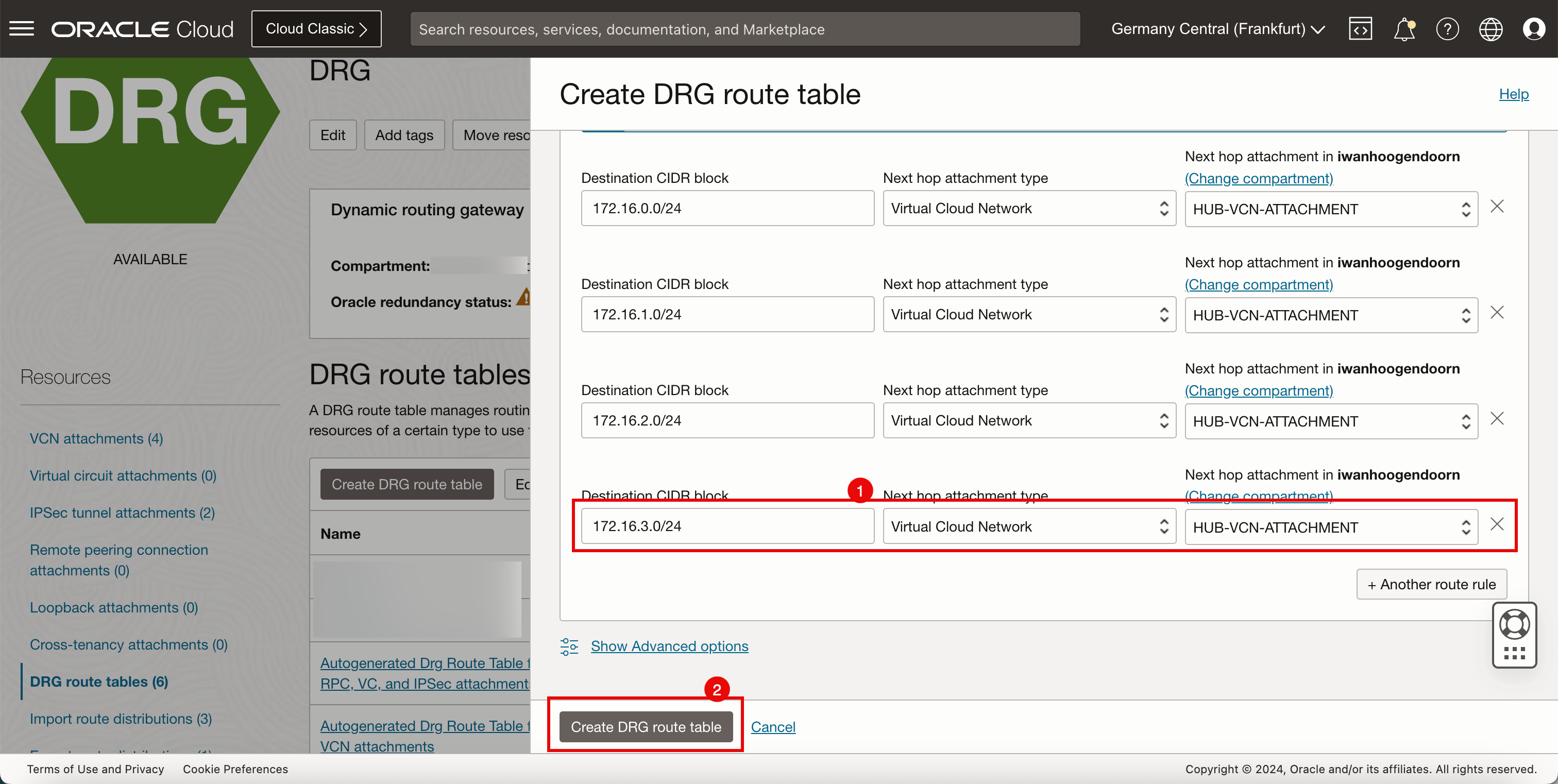

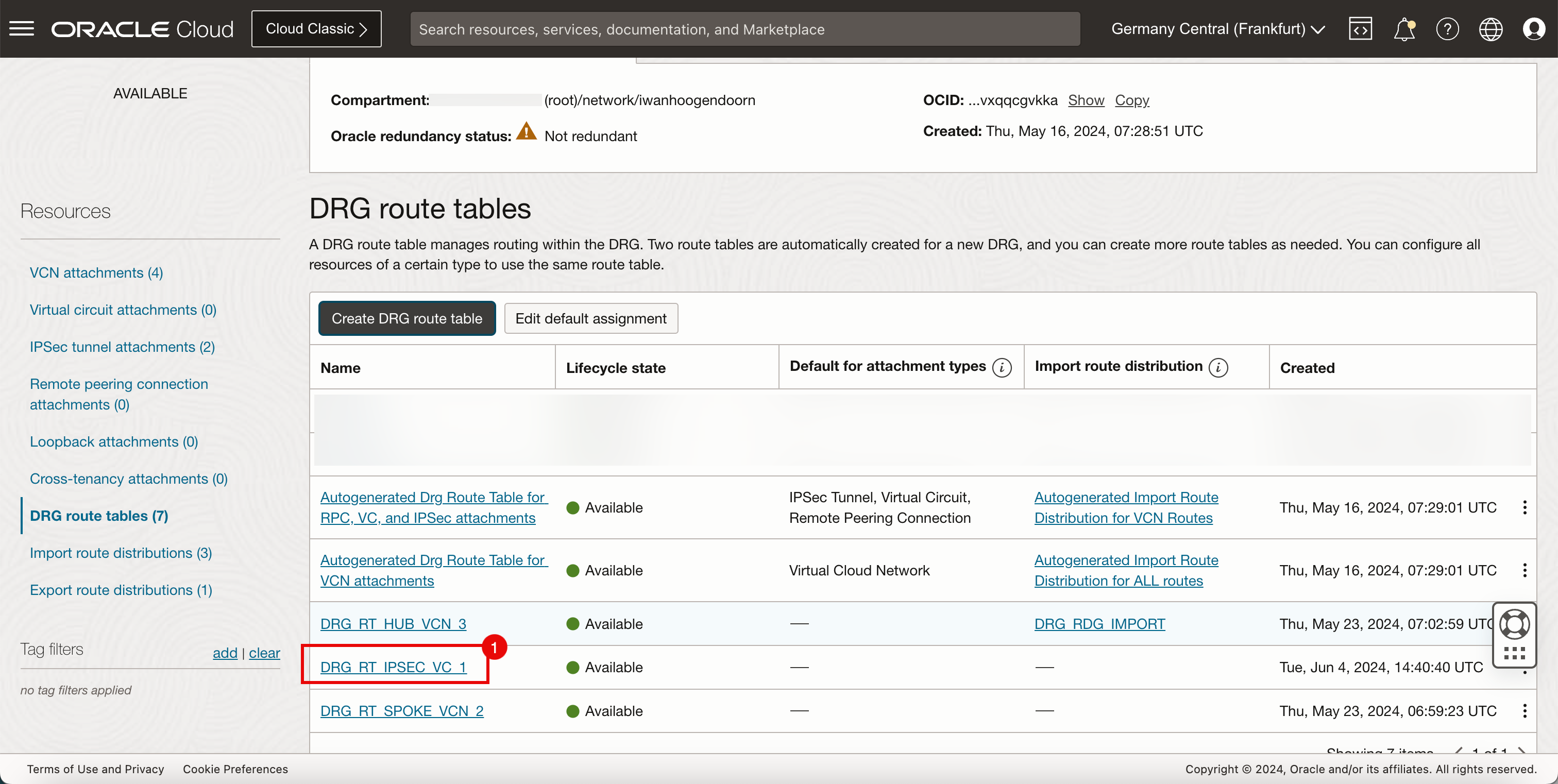

タスク4.2: 新しいハブVCNルート表の作成およびIPSec DRGアタッチメントとの関連付け

-

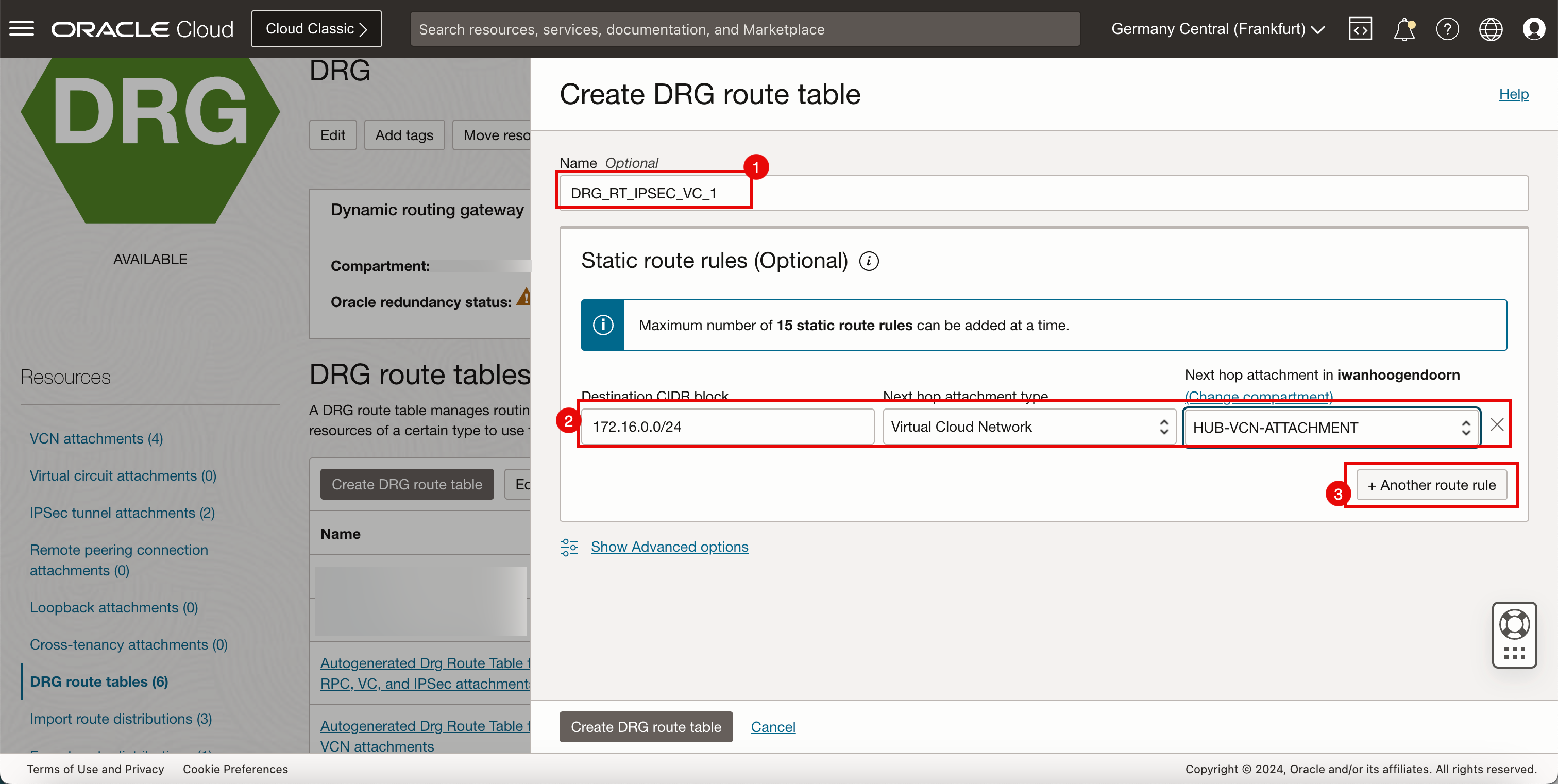

DRGに新しいルート表(

DRG_RT_IPSEC_VC_1)を作成します。宛先CIDR 次のホップ・アタッチメント・タイプ 次のホップ・アタッチメント名 172.16.0.0/24 仮想クラウド・ネットワーク HUB_VCN_ATTACHMENT 172.16.1.0/24 仮想クラウド・ネットワーク HUB_VCN_ATTACHMENT 172.16.2.0/24 仮想クラウド・ネットワーク HUB_VCN_ATTACHMENT 172.16.3.0/24 仮想クラウド・ネットワーク HUB_VCN_ATTACHMENT -

OCIコンソールに移動します。

- 「DRGルート表」をクリックします。

- 「DRGルート表の作成」をクリックします。

- DRGルート表の名前を入力します。

- 「静的ルート・ルール」で、次の情報を入力して新しい静的ルールを追加します。

- 宛先CIDRブロック:

172.16.0.0/24と入力します。 - ネクスト・ホップ・アタッチメント・タイプ: 「Virtual Cloud Network」を選択します。

- ネクスト・ホップ・アタッチメント:ハブVCNを選択します。

- 宛先CIDRブロック:

- 「+別のルール」をクリックします。

- 新しい静的ルールを追加します。

- 宛先CIDRブロック:

172.16.1.0/24と入力します。 - ネクスト・ホップ・アタッチメント・タイプ: 「Virtual Cloud Network」を選択します。

- ネクスト・ホップ・アタッチメント:ハブVCNを選択します。

- 宛先CIDRブロック:

- 「+別のルール」をクリックします。

- 新しい静的ルールを追加します。

- 宛先CIDRブロック:

172.16.2.0/24と入力します。 - ネクスト・ホップ・アタッチメント・タイプ: 「Virtual Cloud Network」を選択します。

- ネクスト・ホップ・アタッチメント:ハブVCNを選択します。

- 宛先CIDRブロック:

- 「+別のルール」をクリックします。

- 新しい静的ルールを追加します。

- 宛先CIDRブロック:

172.16.3.0/24と入力します。 - ネクスト・ホップ・アタッチメント・タイプ: 「Virtual Cloud Network」を選択します。

- ネクスト・ホップ・アタッチメント:ハブVCNを選択します。

- 宛先CIDRブロック:

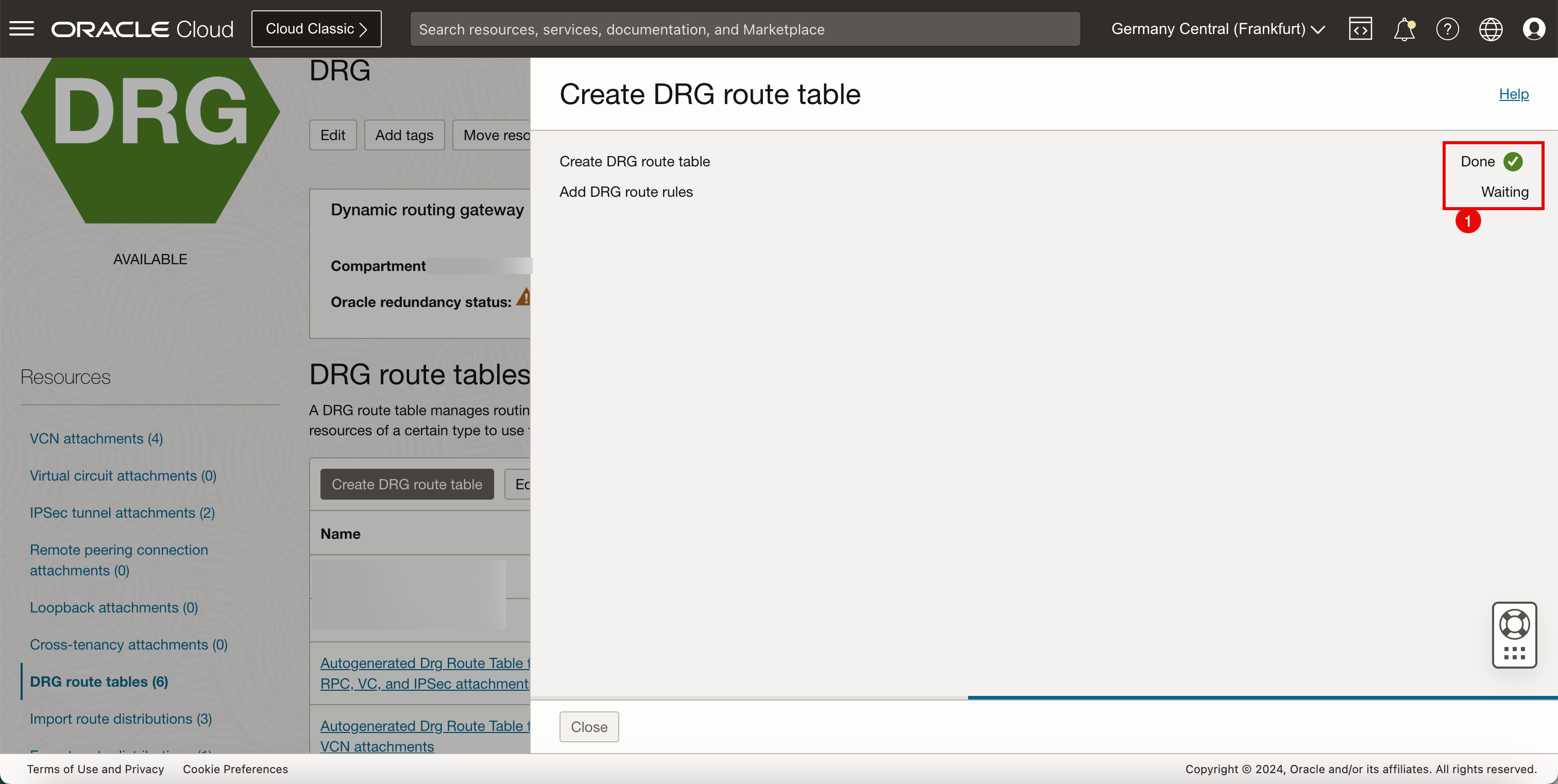

- 「DRGルート表の作成」をクリックします。

-

数分後、ルート表が作成されます。

- 新しいDRGルート表(

DRG_RT_IPSEC_VC_1)が作成されていることを確認します。

- 新しいDRGルート表(

-

次の図は、これまでに作成したものを視覚的に表現したものです。

-

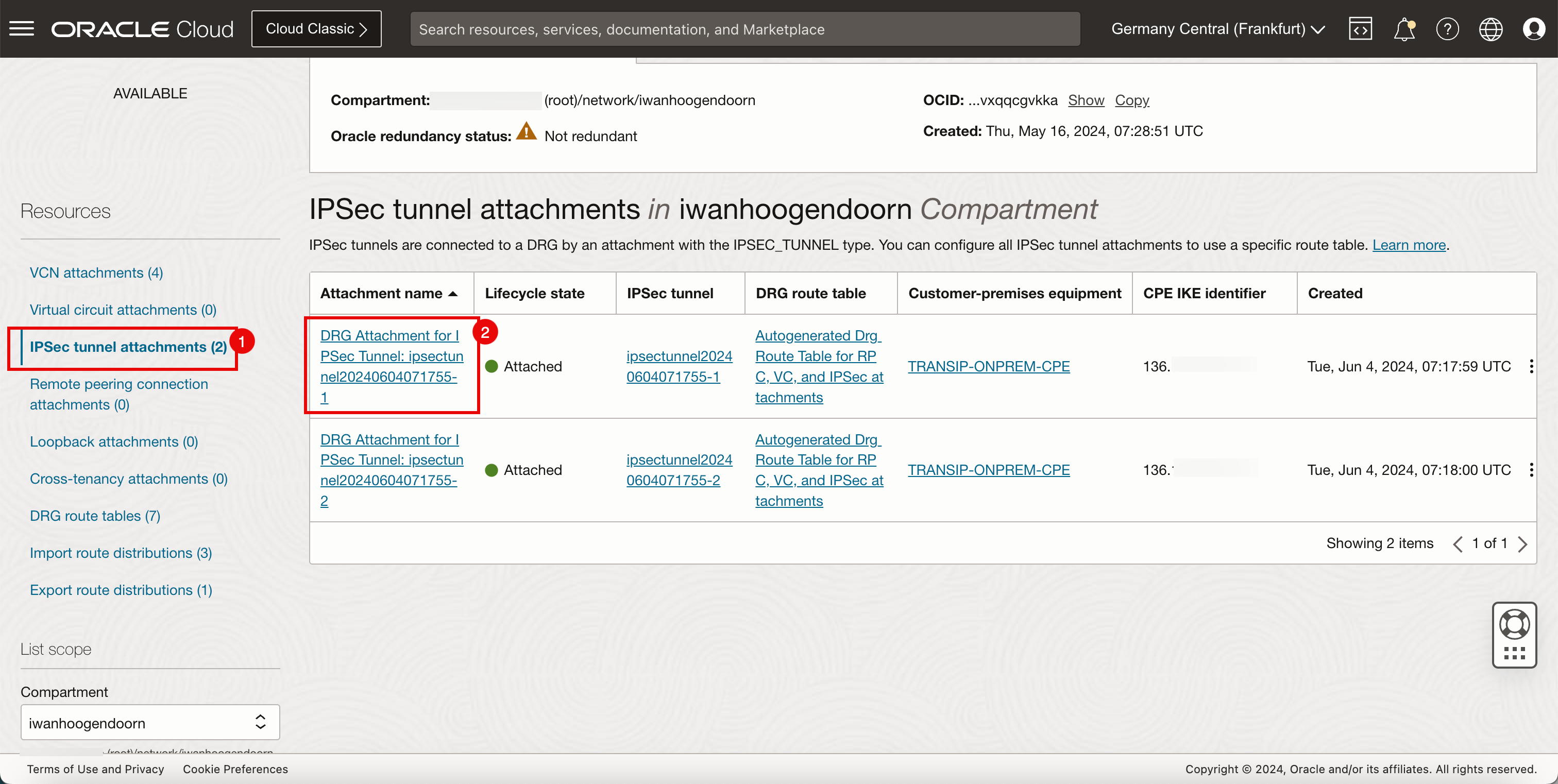

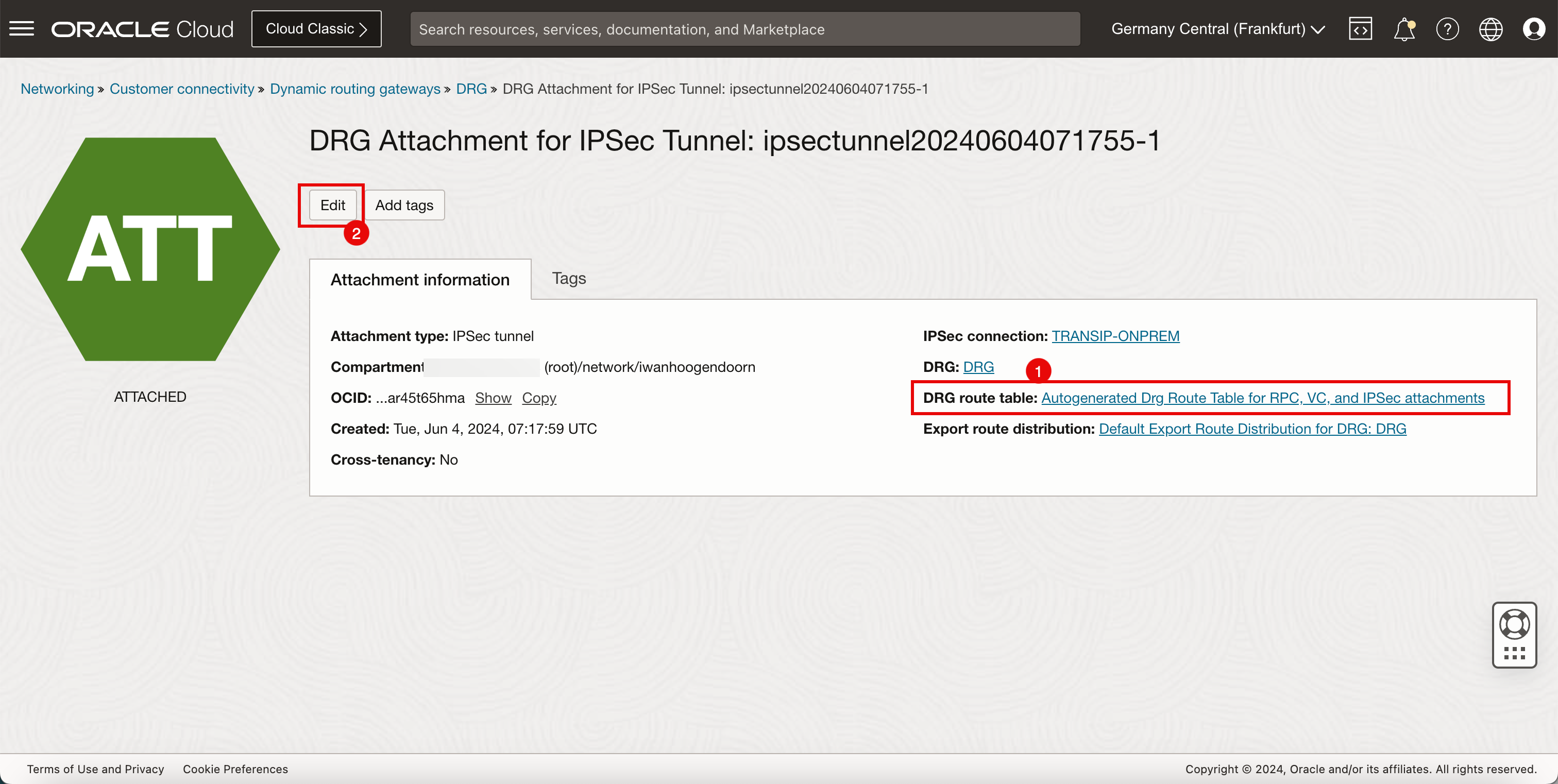

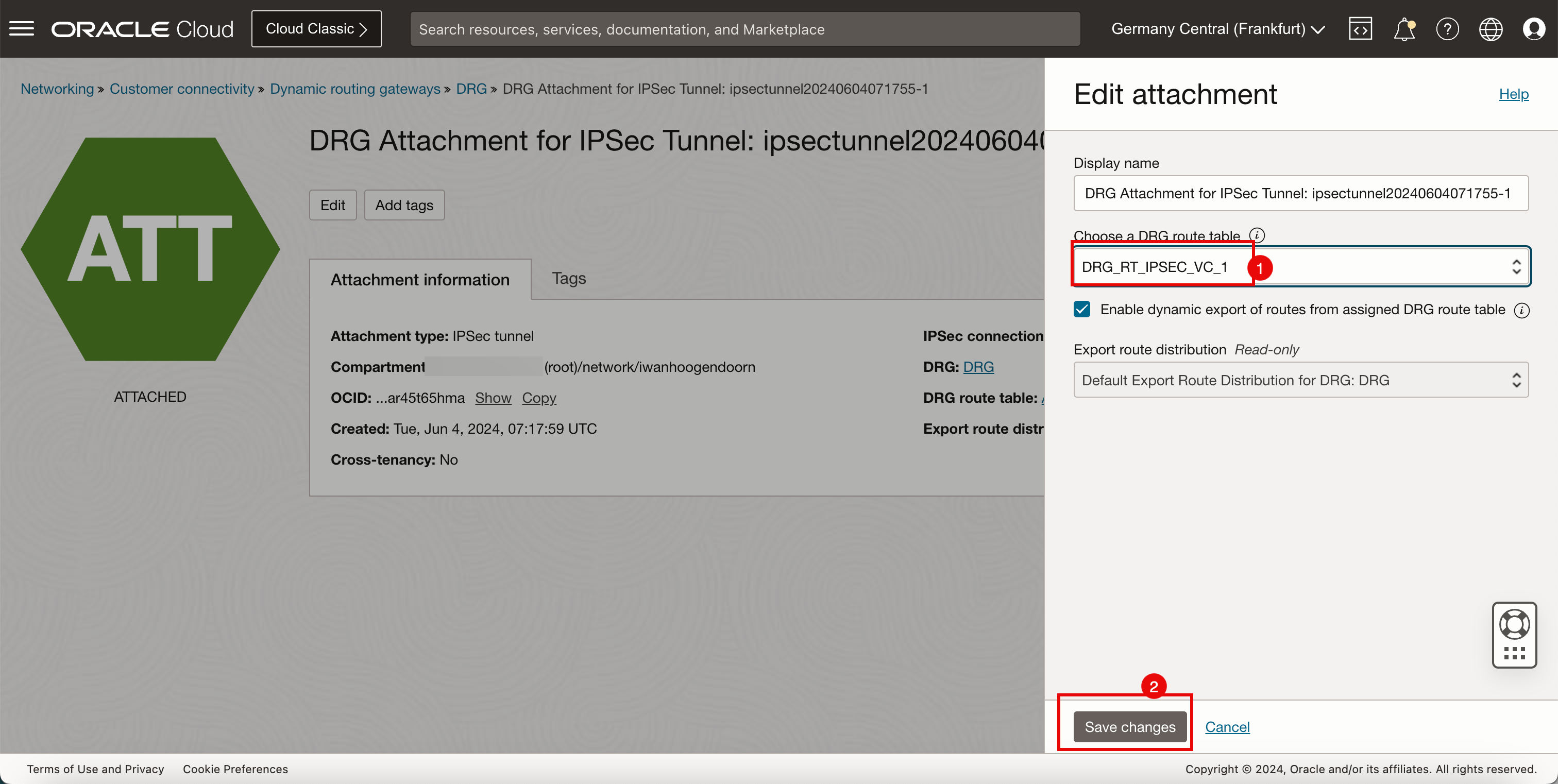

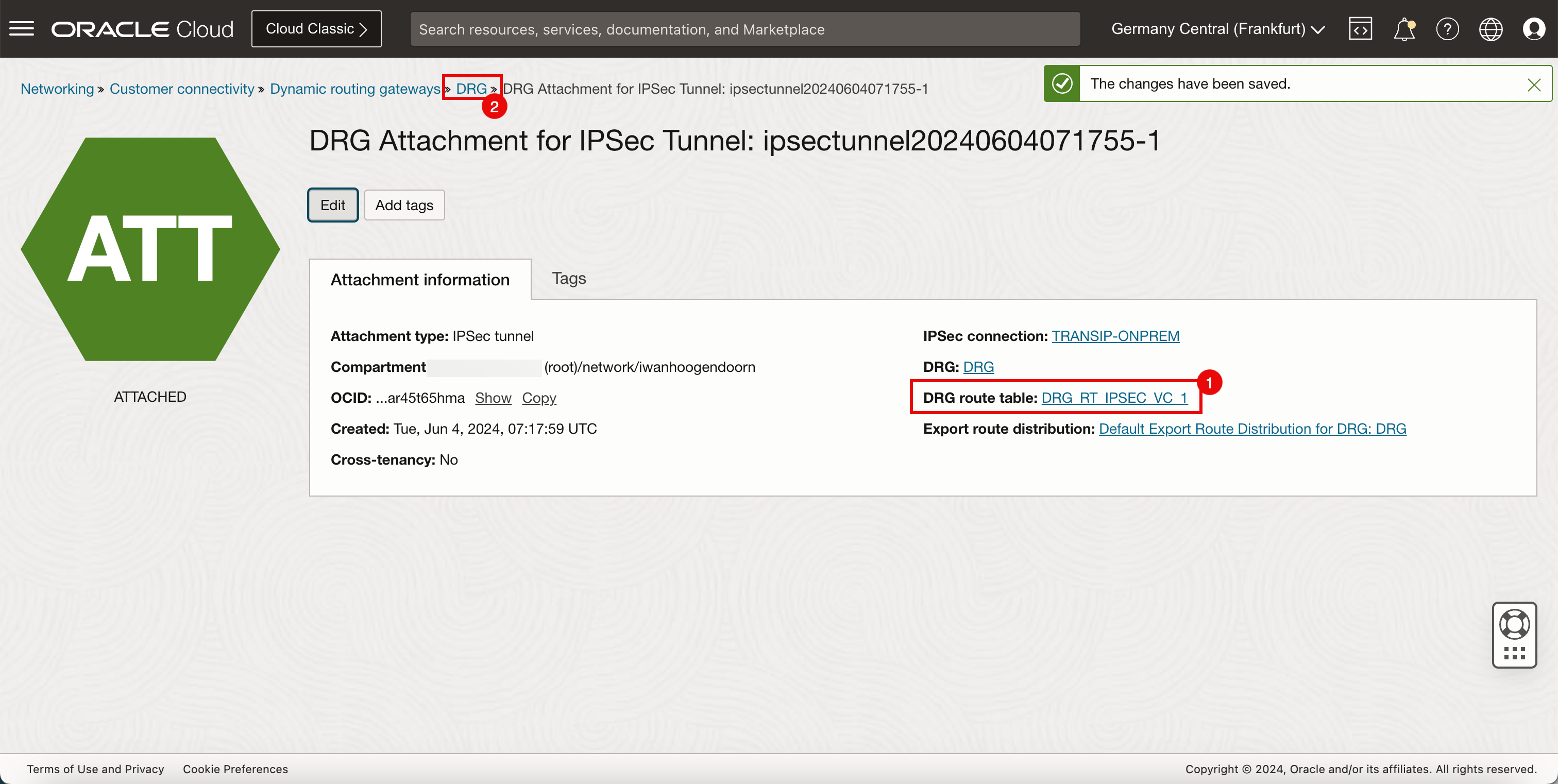

ルート表をDRG IPSecトンネル・アタッチメントに関連付ける/アタッチ/バインドする必要があります。

ノート:このDRGルート表(

DRG_RT_IPSEC_VC_1)およびルート表のアタッチにより、スポークからのすべてのネットワークがオンプレミスからアクセス可能であることが確認されます。これは、ルーティングを制御し、ルーティング先のスポークへのルーティングのみを許可する方法でもあります。- IPSecトンネル・アタッチメントをクリックします。

- 最初の添付をクリックします。

- IPSecアタッチメントは、自動生成されたデフォルトのDRGルート表を使用していることに注意してください。

- 「編集」をクリックします。

- 上で作成したDRGルート表(

DRG_RT_IPSEC_VC_1)を選択します。 - 「変更の保存」をクリックします。

- 新しいDRGルート表が、最初のIPSecトンネルのIPSecアタッチメントでアクティブであることに注意してください。

- 「DRG」をクリックして、DRGの詳細ページに戻ります。

-

次の図は、これまでに作成したものを視覚的に表現したものです。

ノート:このチュートリアルでは2番目のトンネルを使用しないため、2番目のIPSecトンネル・アタッチメントのDRGルート表は更新しません。

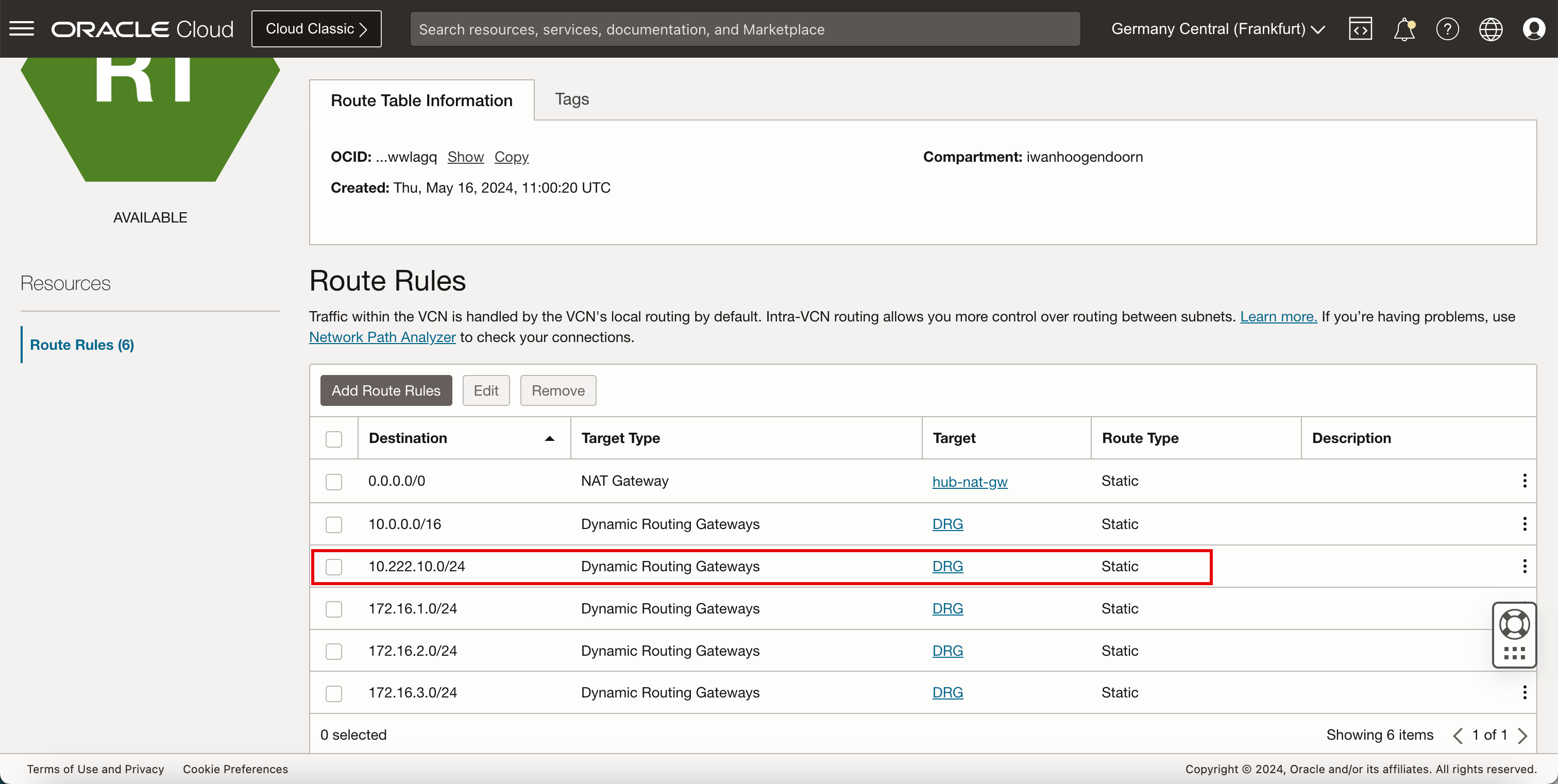

タスク4.3: ハブVCNプライベート・サブネット・ルート表の更新

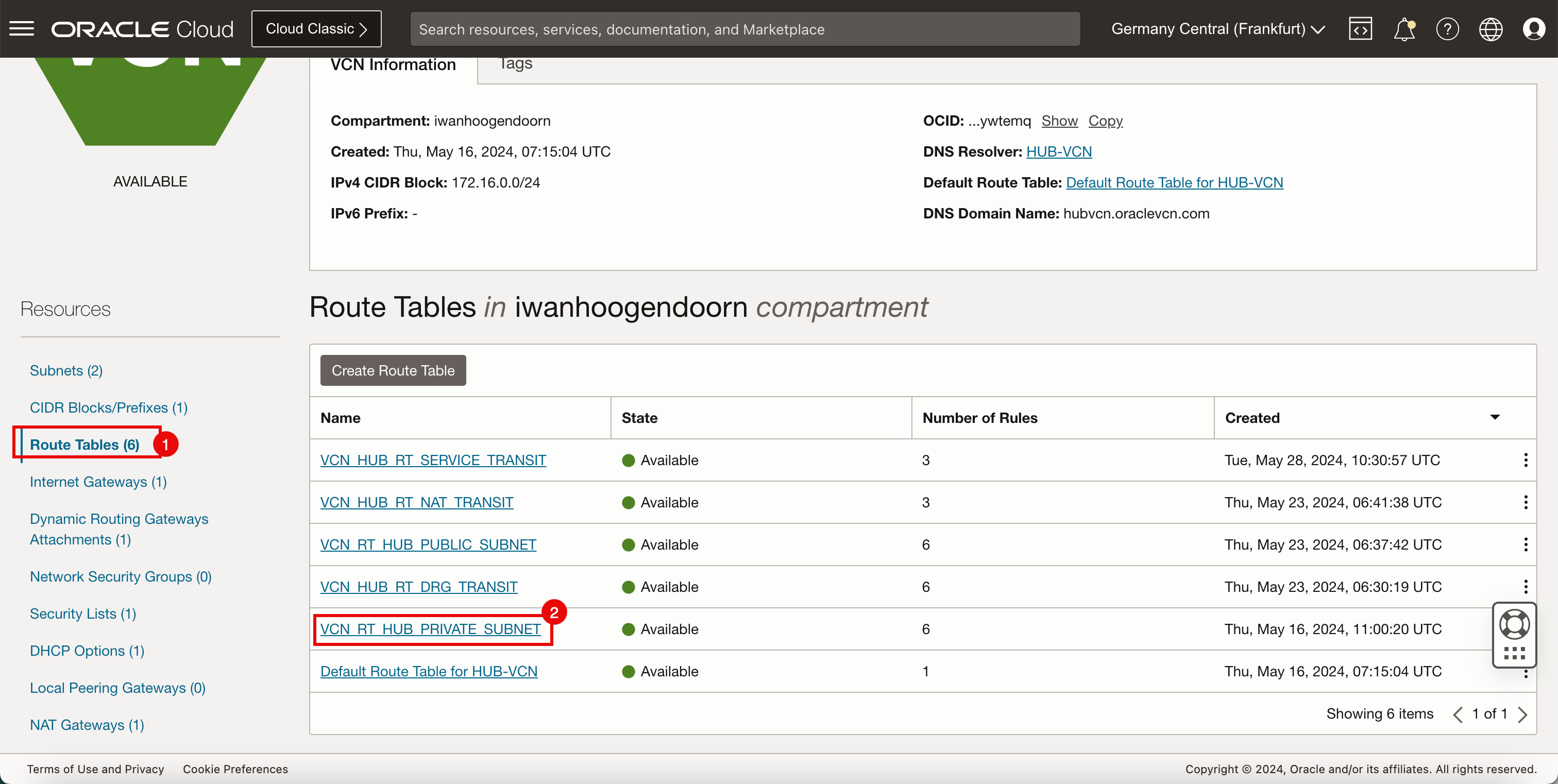

更新する最後のルート表は、ハブVCNのプライベート・サブネットに関連付けられているVCNルート表です。

-

ハブVCNのルート表(

VCN_RT_HUB_PRIVATE_SUBNET)を更新します。オンプレミス・ネットワークを(

VCN_RT_HUB_PRIVATE_SUBNET)表に追加します。宛先 ターゲット・タイプ Target ルート・タイプ 0.0.0.0/0 NATゲートウェイ ハブナットGW 静的 172.16.1.0/24 動的ルート・ゲートウェイ DRG 静的 172.16.2.0/24 動的ルート・ゲートウェイ DRG 静的 172.16.3.0/24 動的ルート・ゲートウェイ DRG 静的 10.222.10.0/24 動的ルート・ゲートウェイ DRG 静的 ノート:このVCNルート表(

VCN_RT_HUB_PRIVATE_SUBNET)は、スポークおよびオンプレミスのIPSecネットワークを宛先とするトラフィックをファイアウォールにルーティングします。NATゲートウェイへのインターネット(スポーク・ネットワーク以外のすべてのトラフィック)を宛先とするトラフィックも、このルート表によってルーティングされます。 -

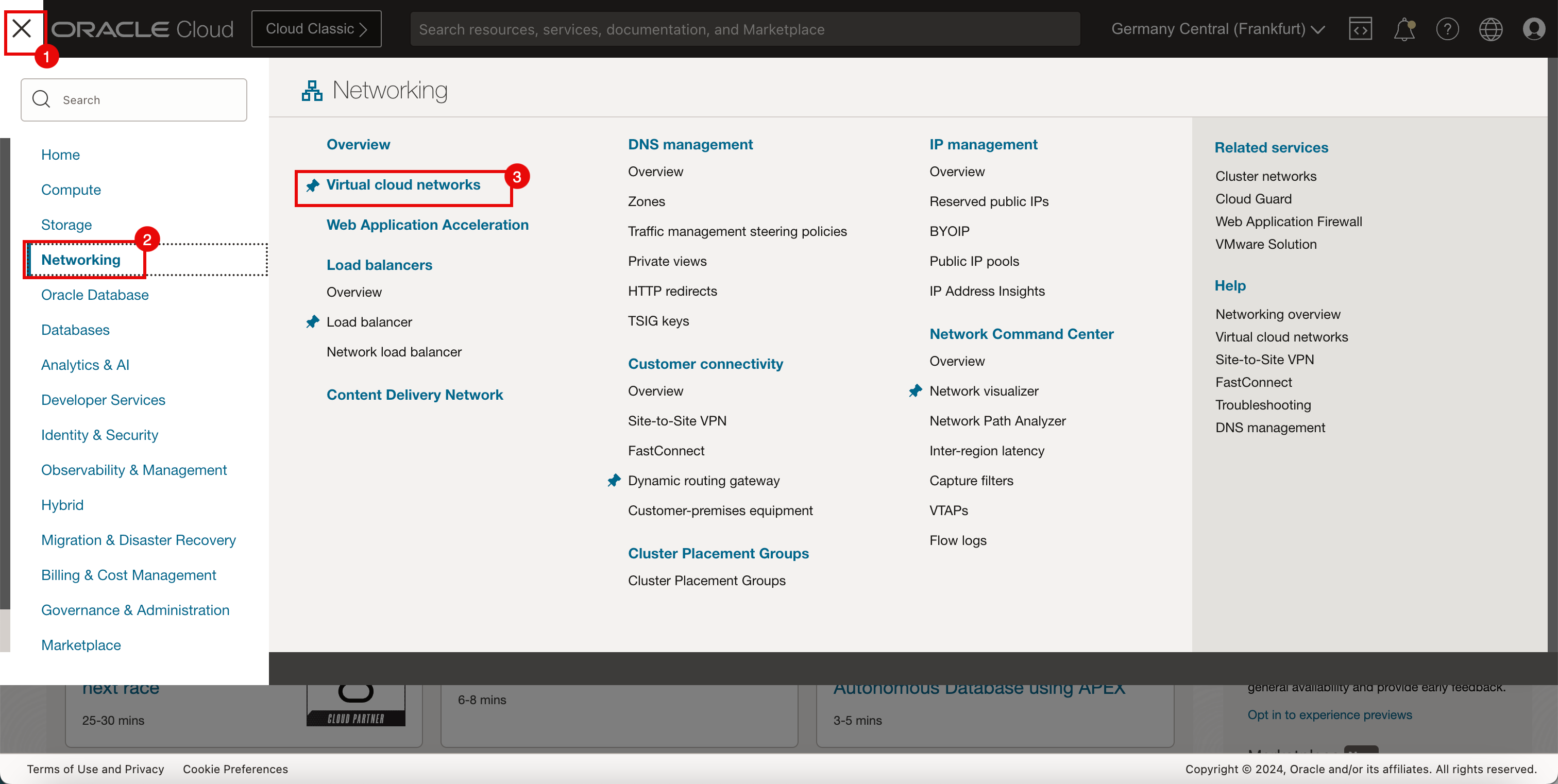

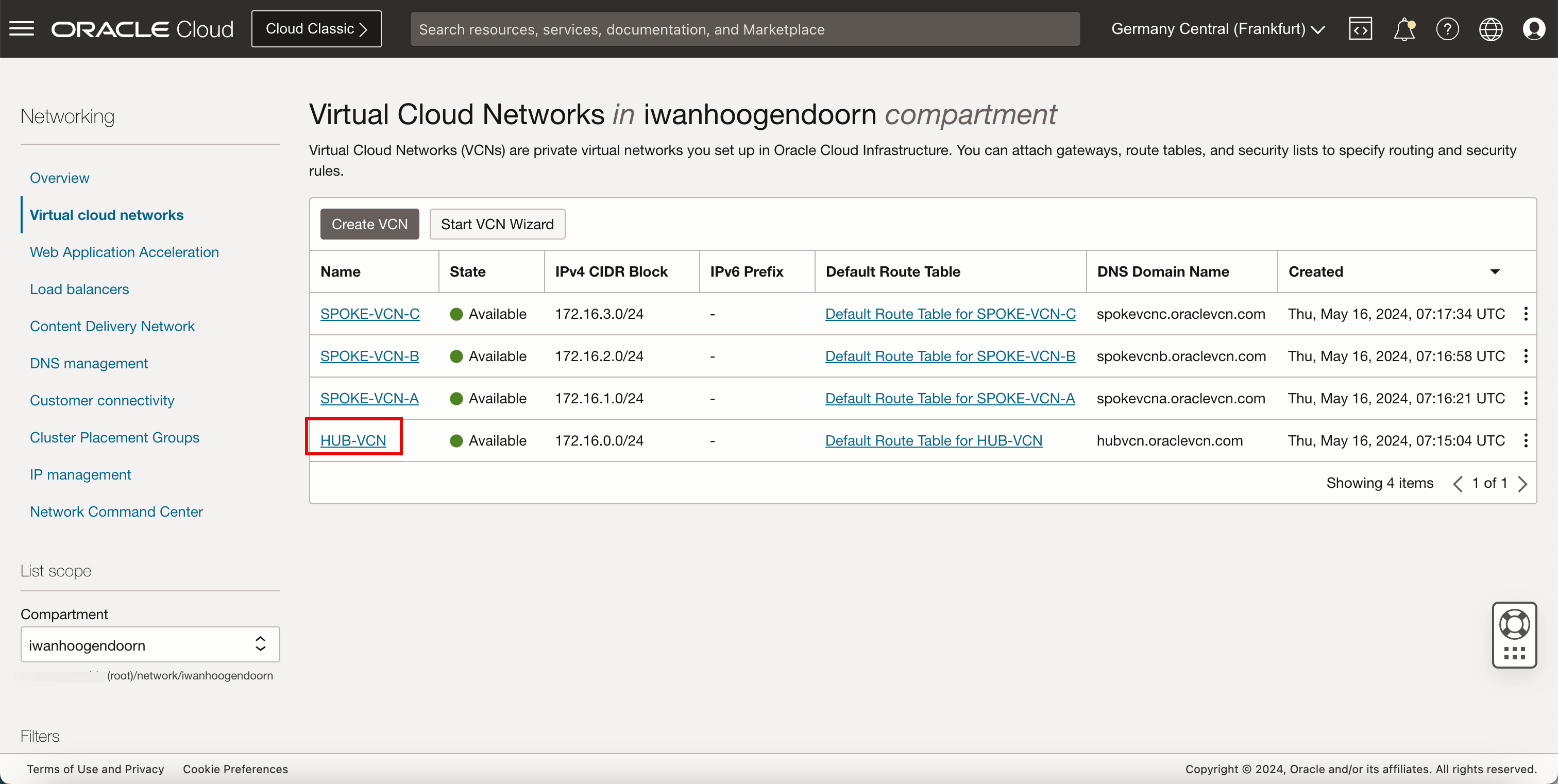

OCIコンソールに移動します。

- 左上隅のハンバーガー・メニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

- 「仮想クラウド・ネットワーク」をクリックします。

-

ハブVCNをクリックします。

- 「ルート表」をクリックします。

VCN_RT_HUB_PRIVATE_SUBNETルート表をクリックします。

-

新しいルート・ルールをすでに追加しています。追加してください。ルート・ルールを正常に追加すると、次のようになります。

-

次の図は、これまでに作成したものを視覚的に表現したものです。

タスク5: pfSenseを使用したオンプレミスでのサイト間VPNの作成

IPSecトンネルのOCI側を構成しました。オンプレミス側を構成します。pfSenseファイアウォールをIPSec終了エンドポイントとして使用しています。

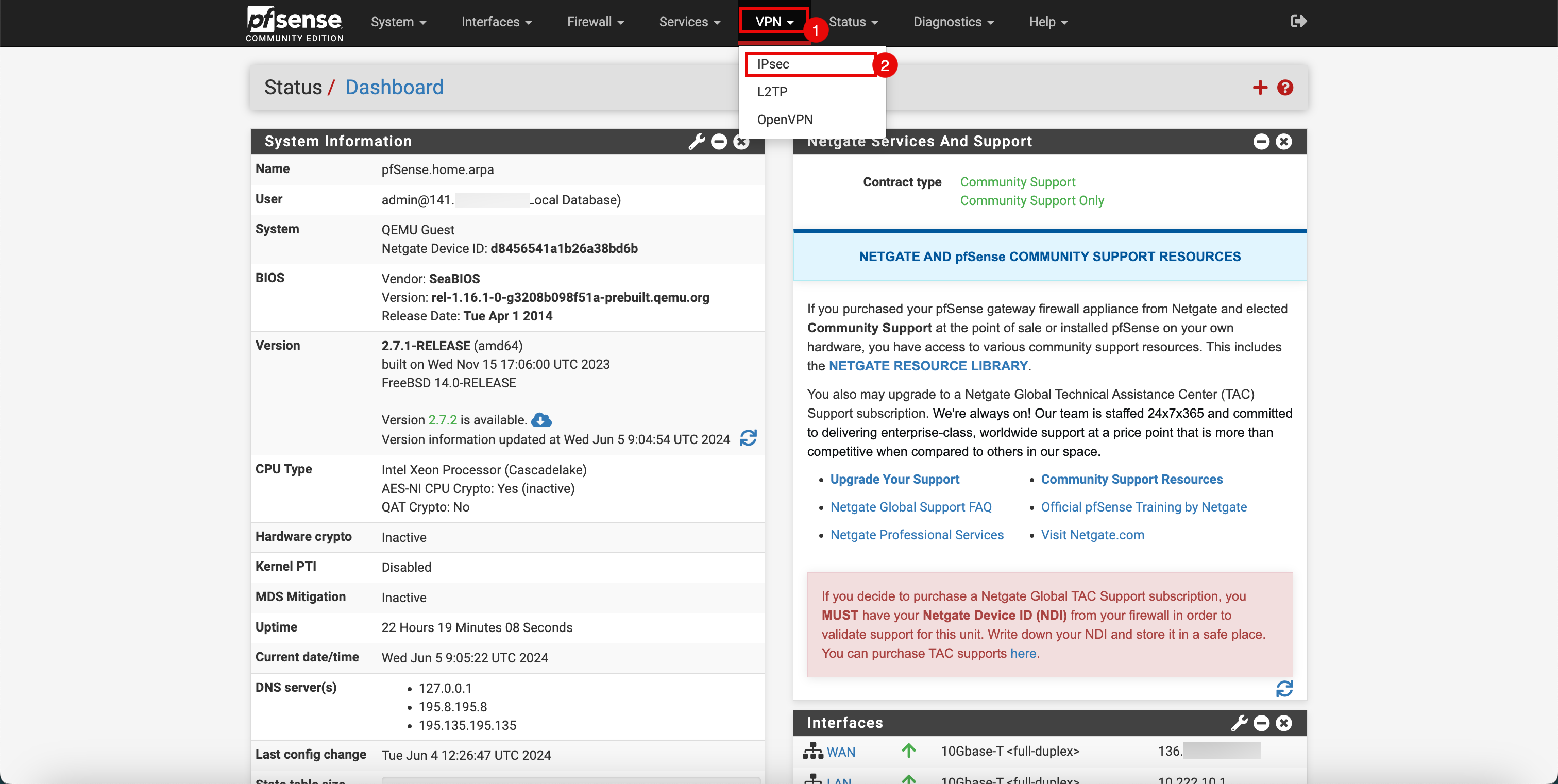

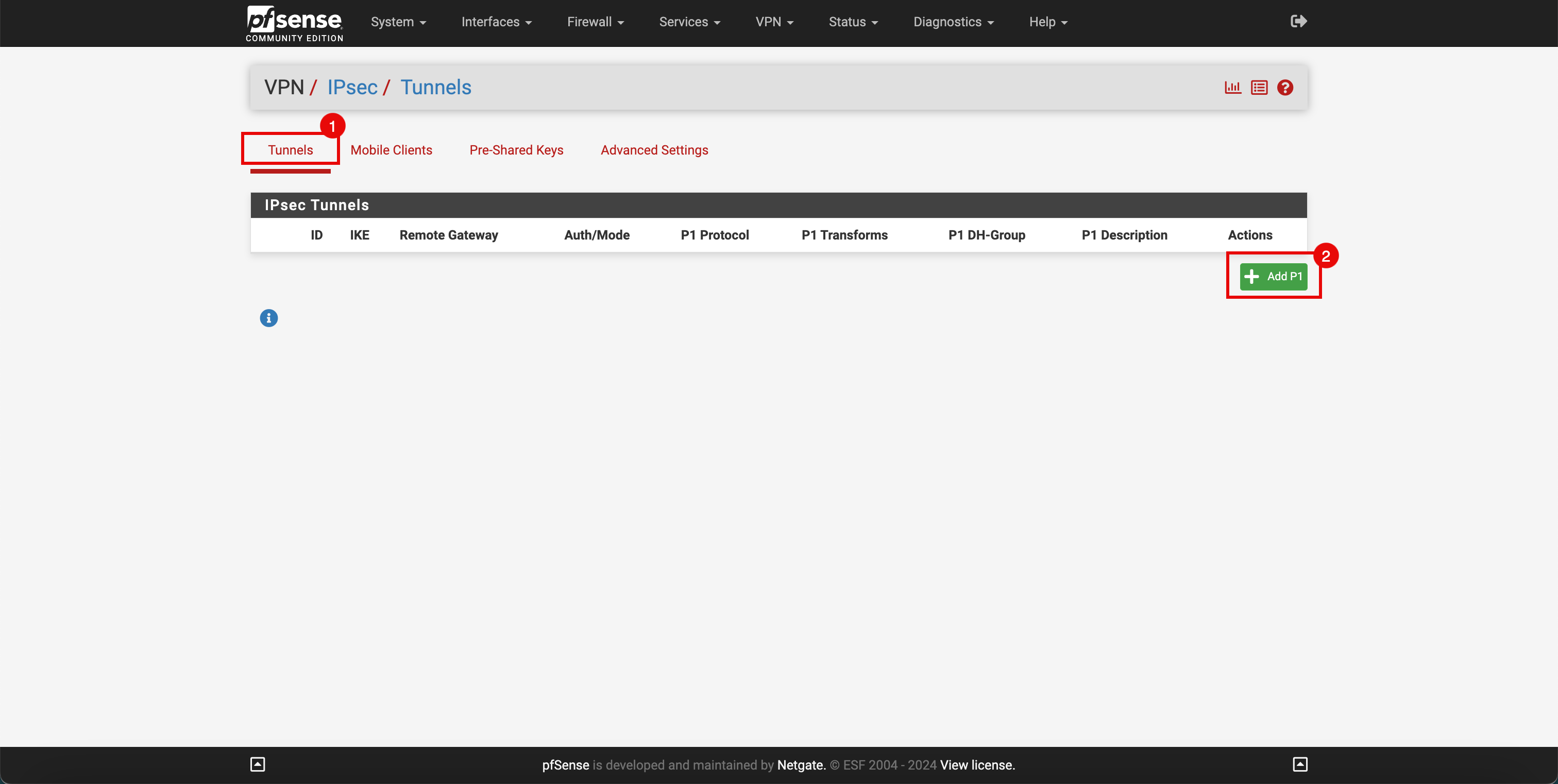

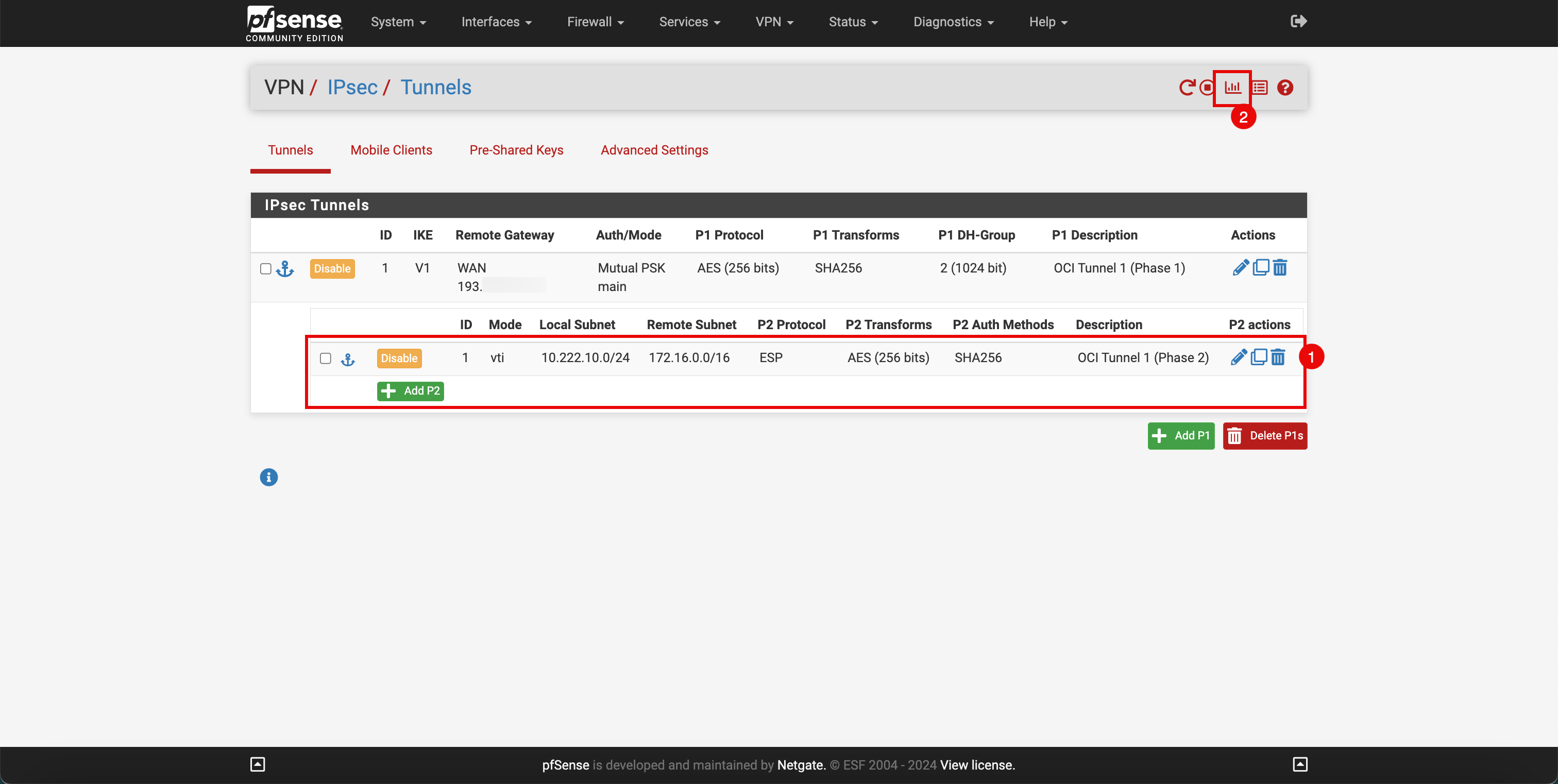

タスク5.1: IPSecトンネルの作成(フェーズ1 ISAKMP)

-

pfSenseポータルに移動します。

- 「VPN」ドロップダウン・メニューをクリックします。

- IPSecをクリックします。

- 「トンネル」をクリックします。

- 「+ Add P1」をクリックします。

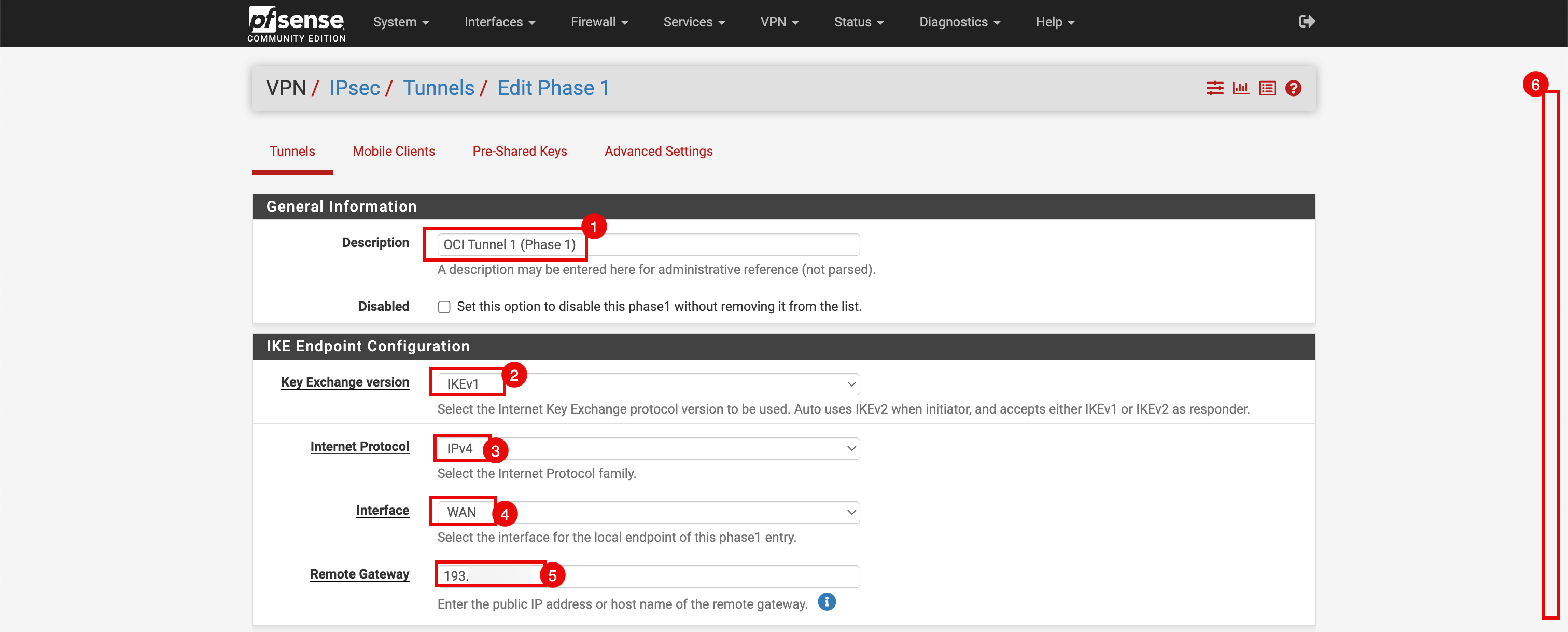

- 説明を入力します。

- 「キー交換バージョン」で、IKEv1を選択します。

- 「インターネット・プロトコル」で、IPv4を選択します。

- 「インタフェース」で、「WAN」を選択します。

- 「リモート・ゲートウェイ」に、OCIコンソールから取得できるパブリックIPアドレスを入力します。「Networking」、「Customer Connectivity」、「Site-to-Site VPN」に移動し、「VPN」をクリックします。

- 下へスクロール

-

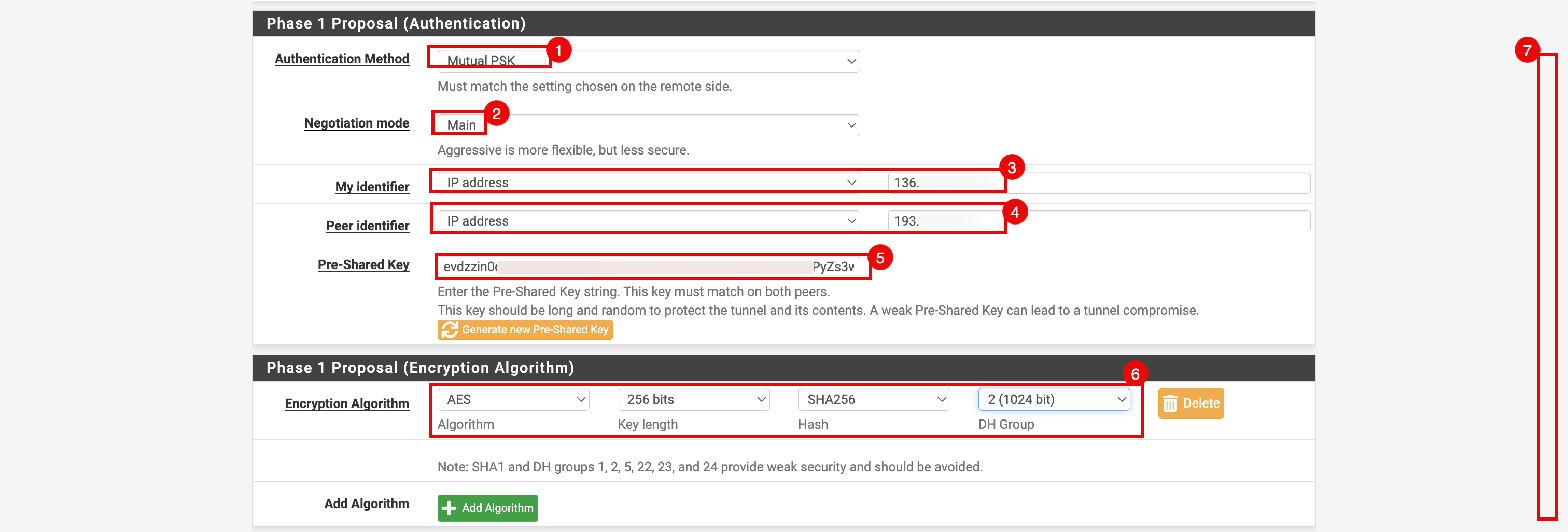

「フェーズ1の提案」セクションで、次の情報を入力します。

- 「認証方法」で、「相互PSK」を選択します。

- 「ネゴシエーション・モード」で、「メイン」を選択します。

- 「自分の識別子」で、「IPアドレス」を選択し、タスク3で取得したオンプレミス側のローカル・パブリックIPアドレスを入力します。

- 「ピア識別子」で、「IPアドレス」を選択し、OCI側のリモート・パブリックIPアドレスを入力します。

- タスク3で取得した(Pre)共有秘密キーを入力します。

- 暗号化アルゴリズムを構成します:

- アルゴリズム: 「AES」を選択します。

- キー長: 「256ビット」を選択します。

- ハッシュ: SHA256を選択します。

- DHグループ: 2 (1024 bit)を選択します。- 下にスクロールします。

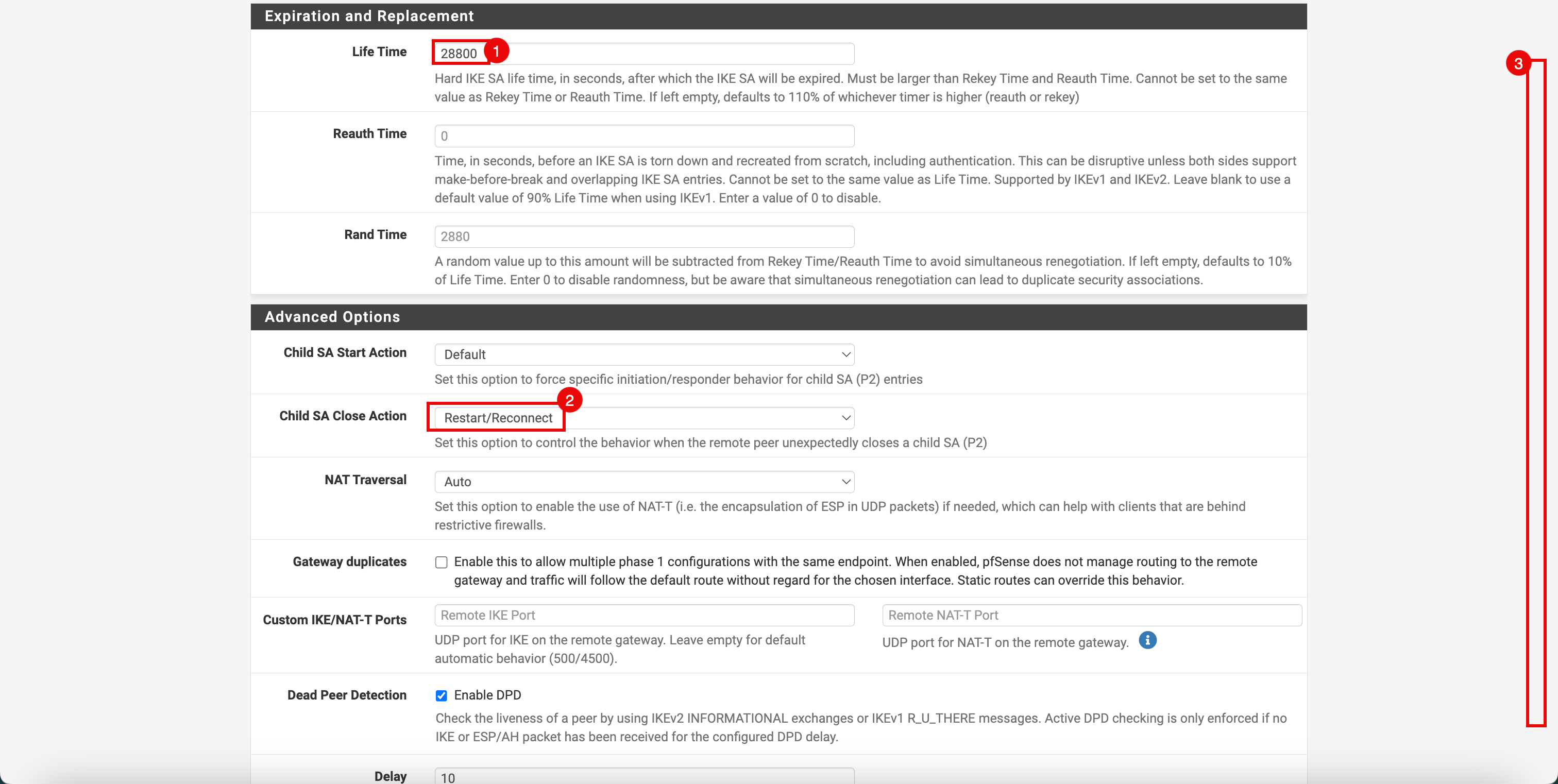

- 「ライフ・タイム」に、

28800秒を入力します。 - 「子SAクローズ処理」で、「再起動/再接続」を選択します。

- Scroll Down

-

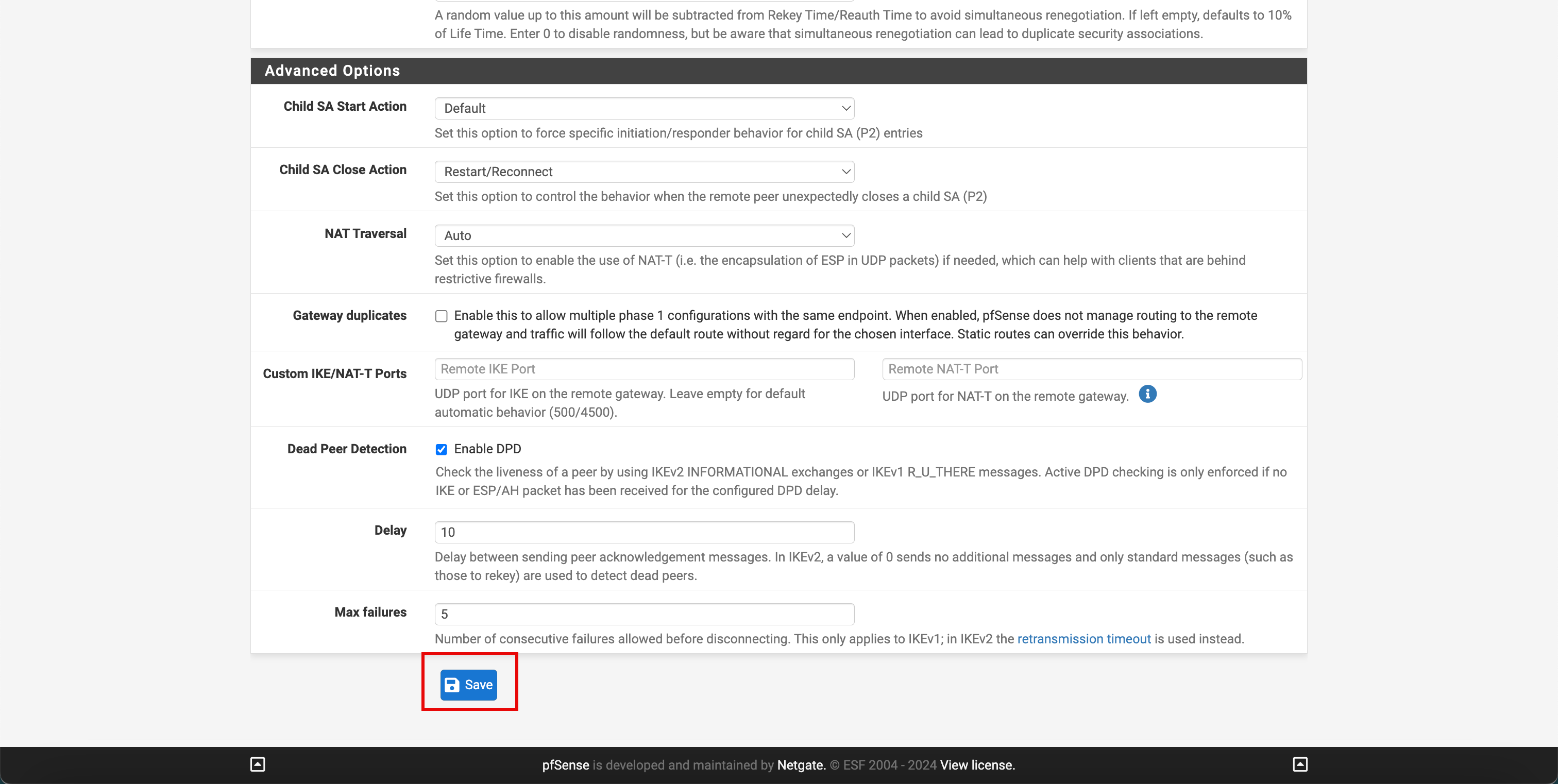

「保存」をクリックします。

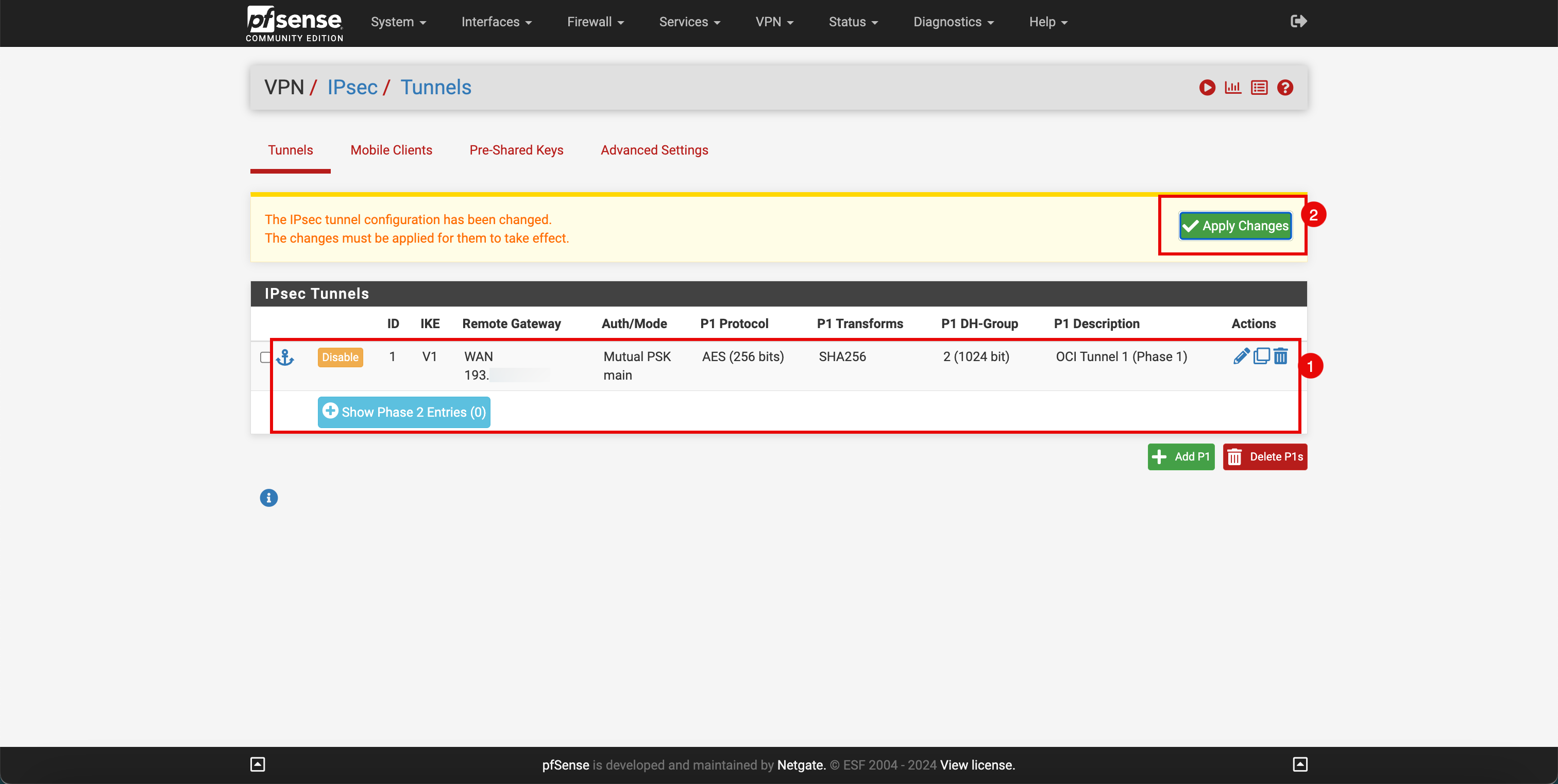

- フェーズ1のIPSec構成が構成されていることを確認します。

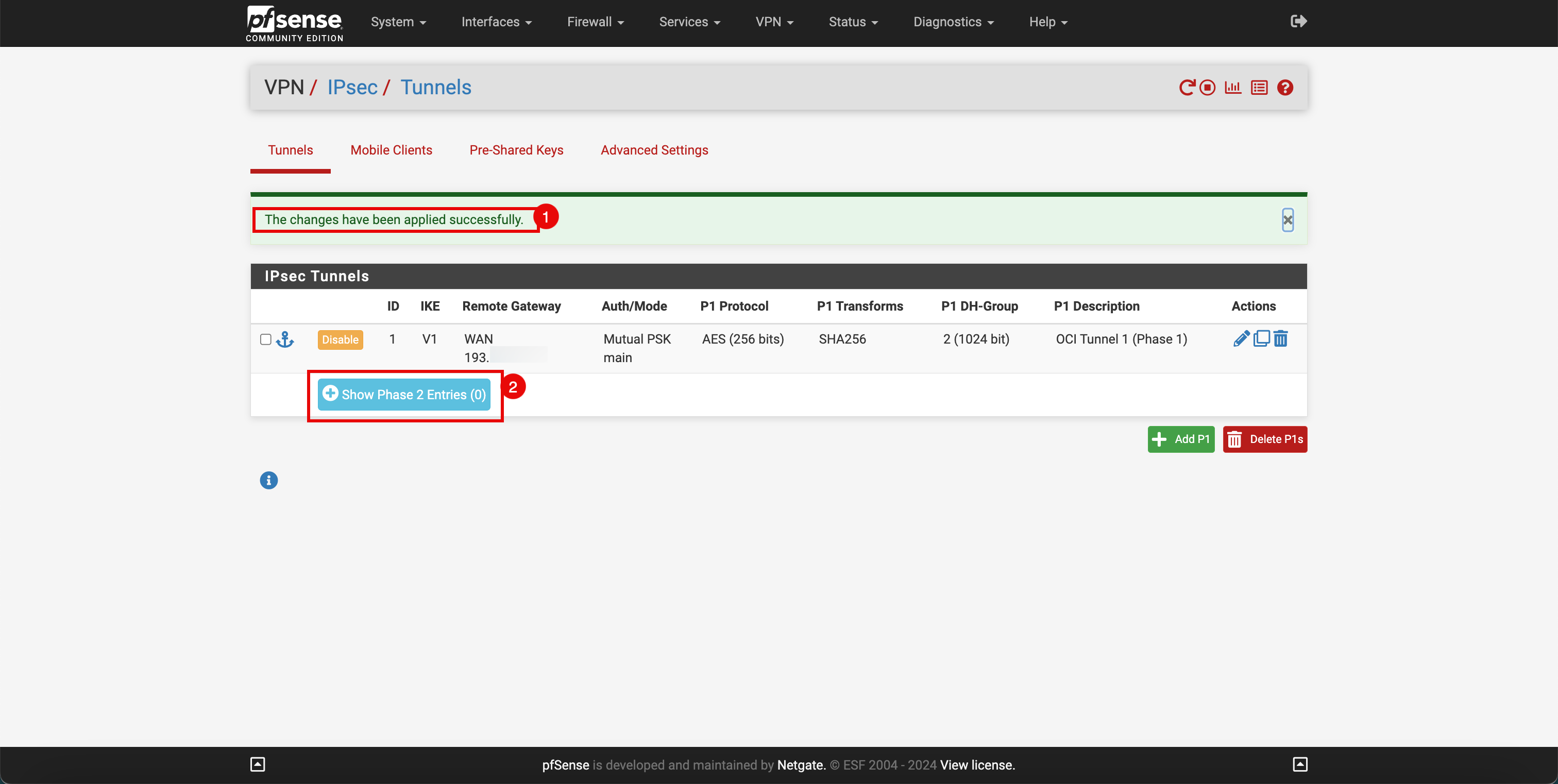

- 「変更の適用」をクリックして変更をコミットします。

- 変更が正常に適用されていることを確認します。

- 「フェーズ2エントリの表示」をクリックします。

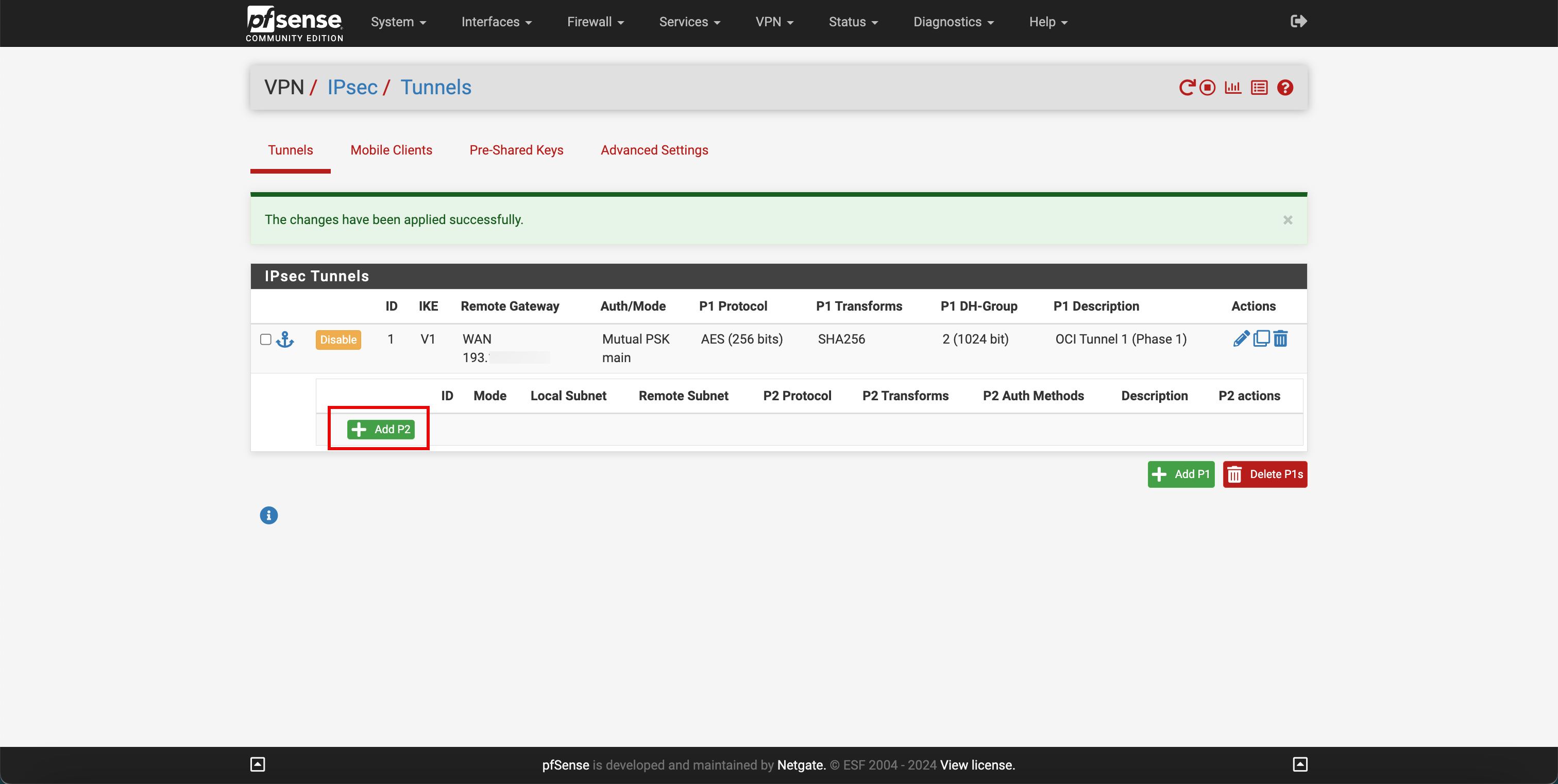

タスク5.2: IPSecトンネルの作成(フェーズ2 IPSec)

-

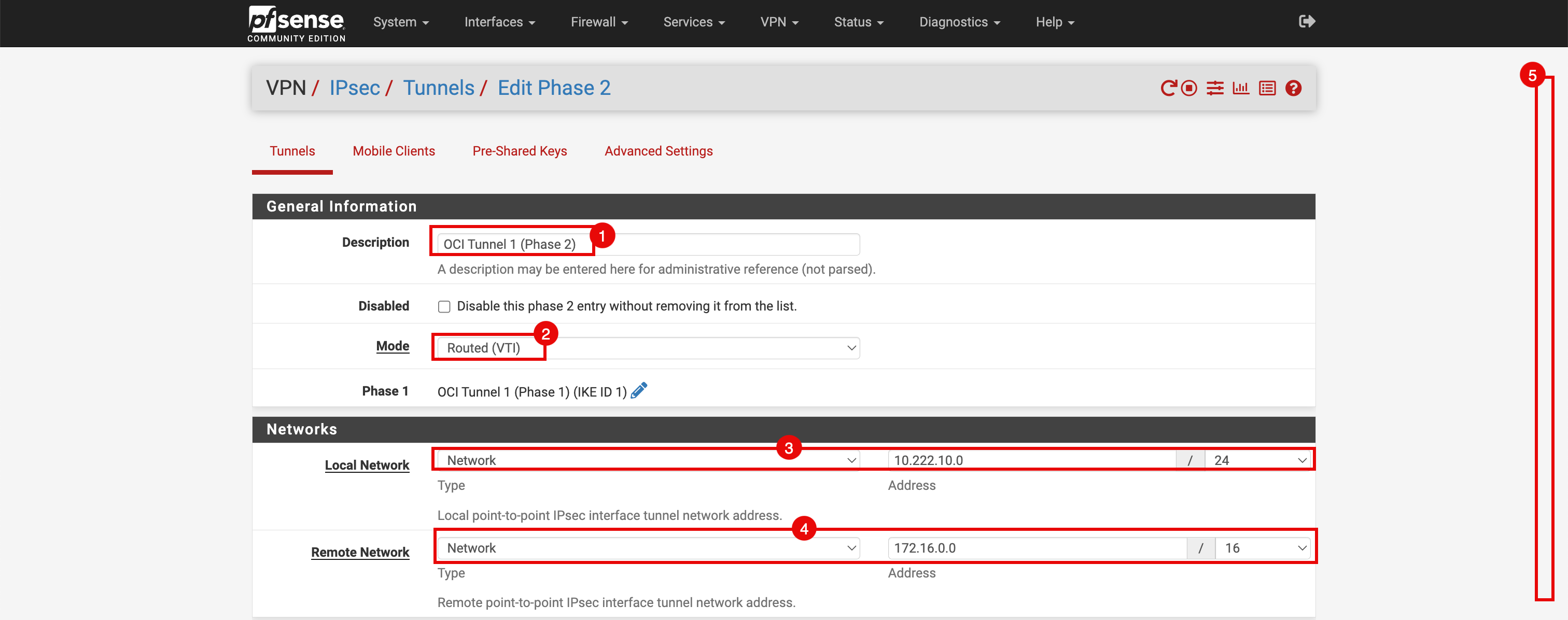

「+ Add P2」をクリックします。

- 説明を入力します。

- 「モード」で、「ルーティング(VTI)」を選択します。

- ローカル(オンプレミス)ネットワークを選択します。

- リモート(OCI)ネットワークを選択します。

- 下へスクロール

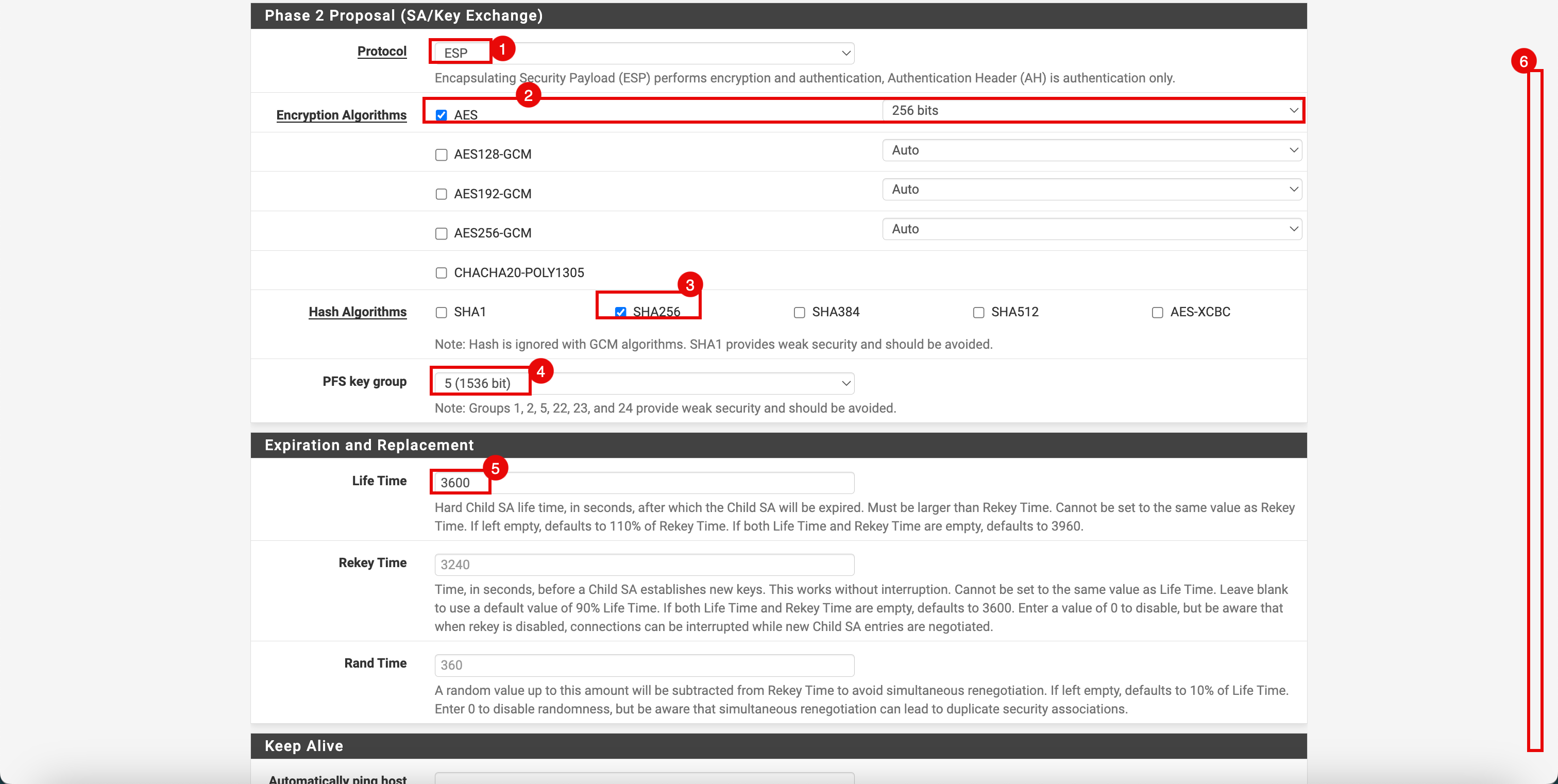

- 「プロトコル」で、「ESP」を選択します。

- 「暗号化アルゴリズム」で、「AES 256ビット」を選択します。

- 「ハッシュ・アルゴリズム」で、SHA256を選択します。

- 「PFS key group」で、「5 (1536 bit)」を選択します。

- 「Life Time」に、3600秒と入力します。

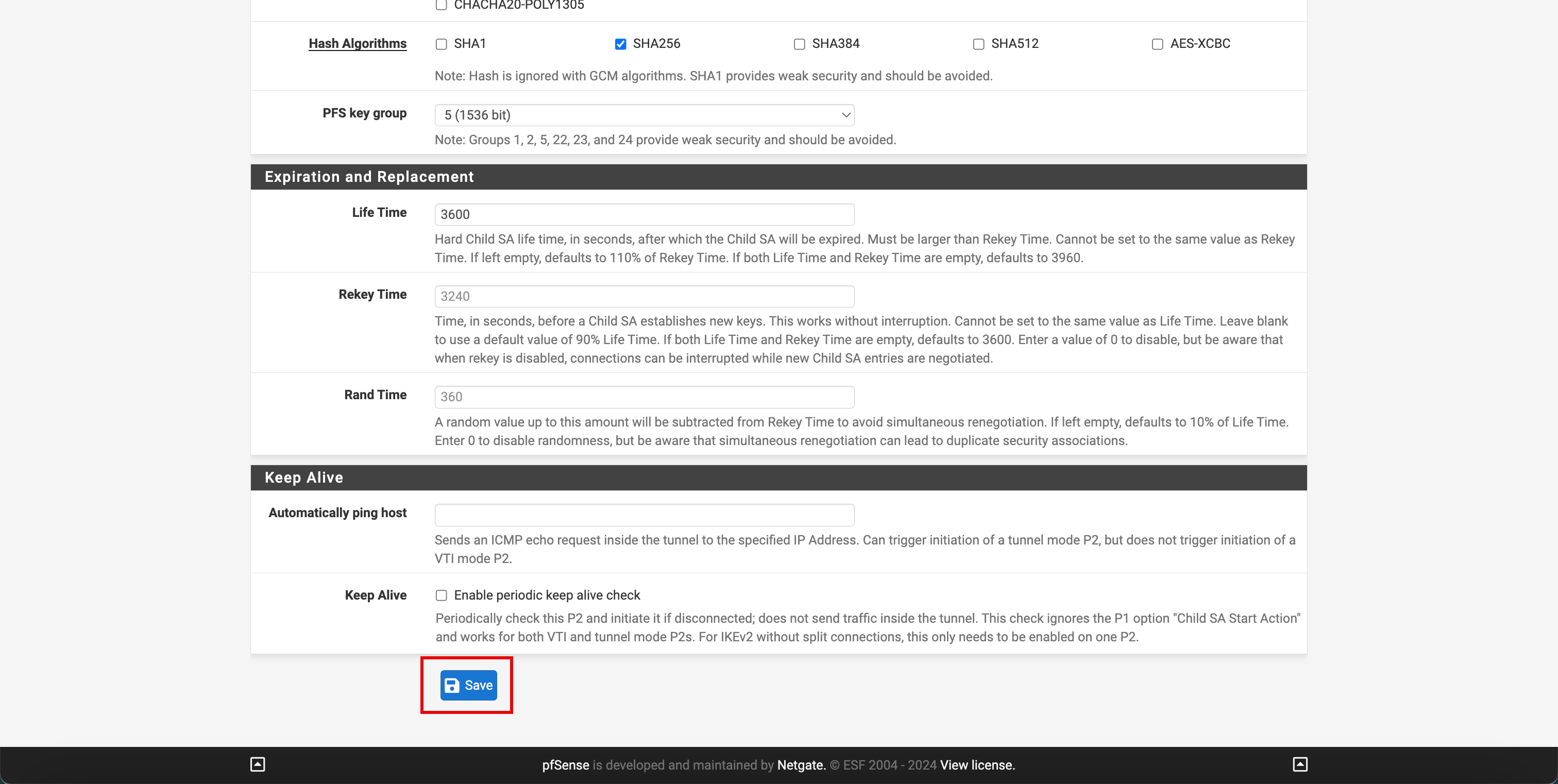

- 下へスクロール

-

「保存」をクリックします。

- フェーズ1のIPSec構成が構成されていることを確認します。

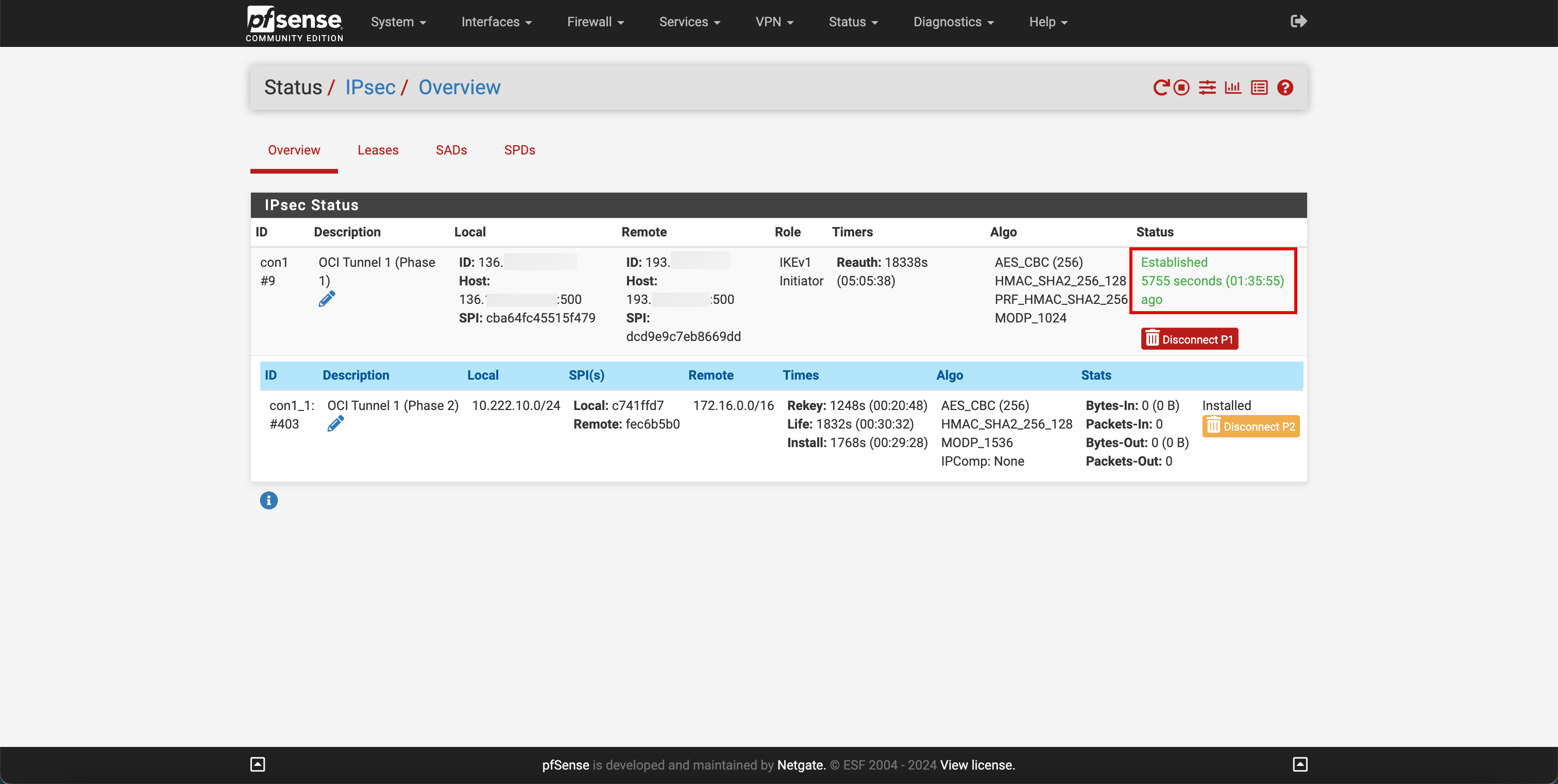

- 統計をクリックします。

-

ステータスが「確立済」であることを確認します。

-

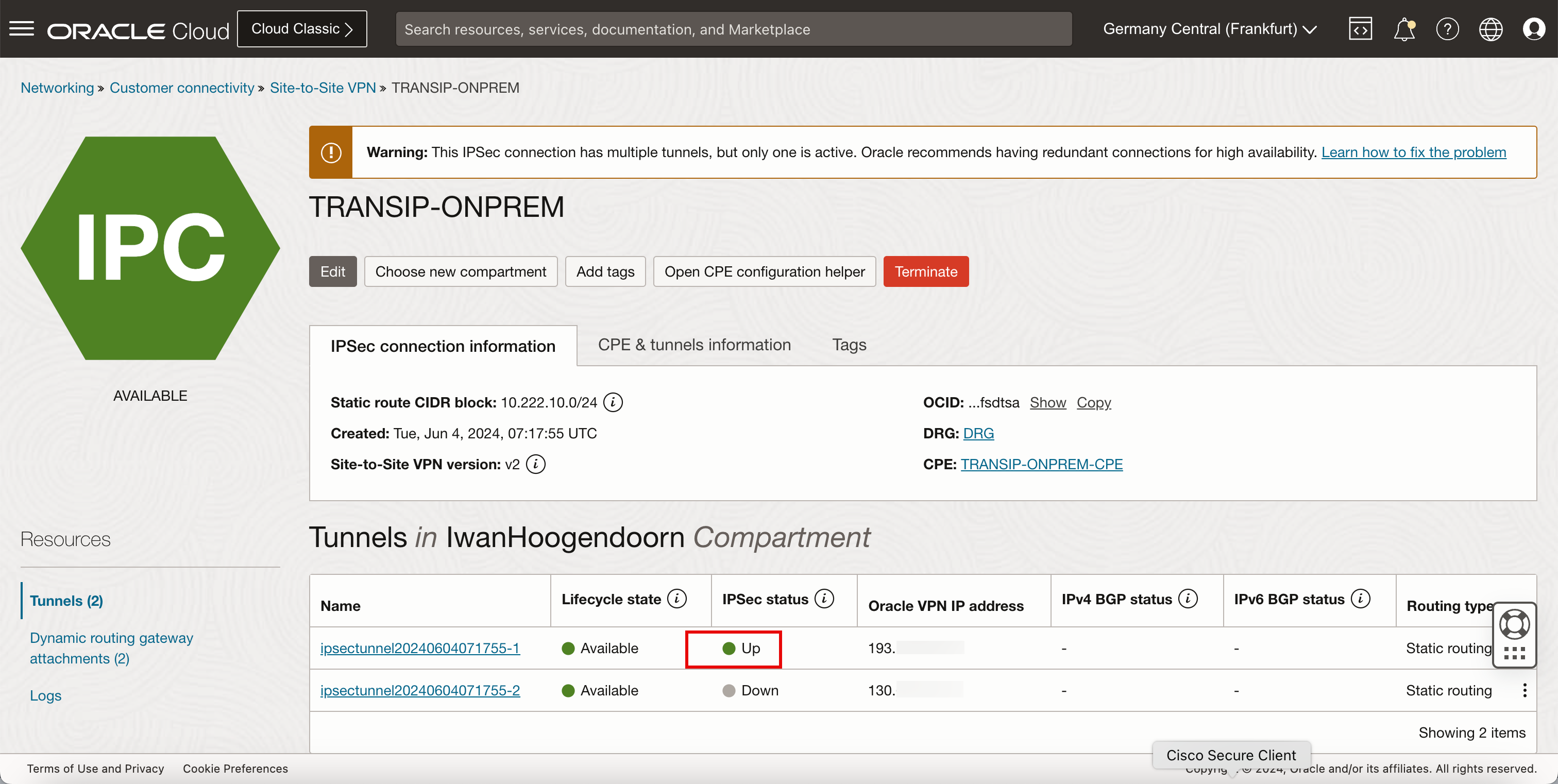

OCI側のトンネルの状態を確認します。OCIコンソールに移動し、「ネットワーキング」、「カスタマ接続」、「サイト間VPN」に移動して、VPNをクリックします。最初のトンネルのIPSecステータスが「稼働中」であることに注意してください。

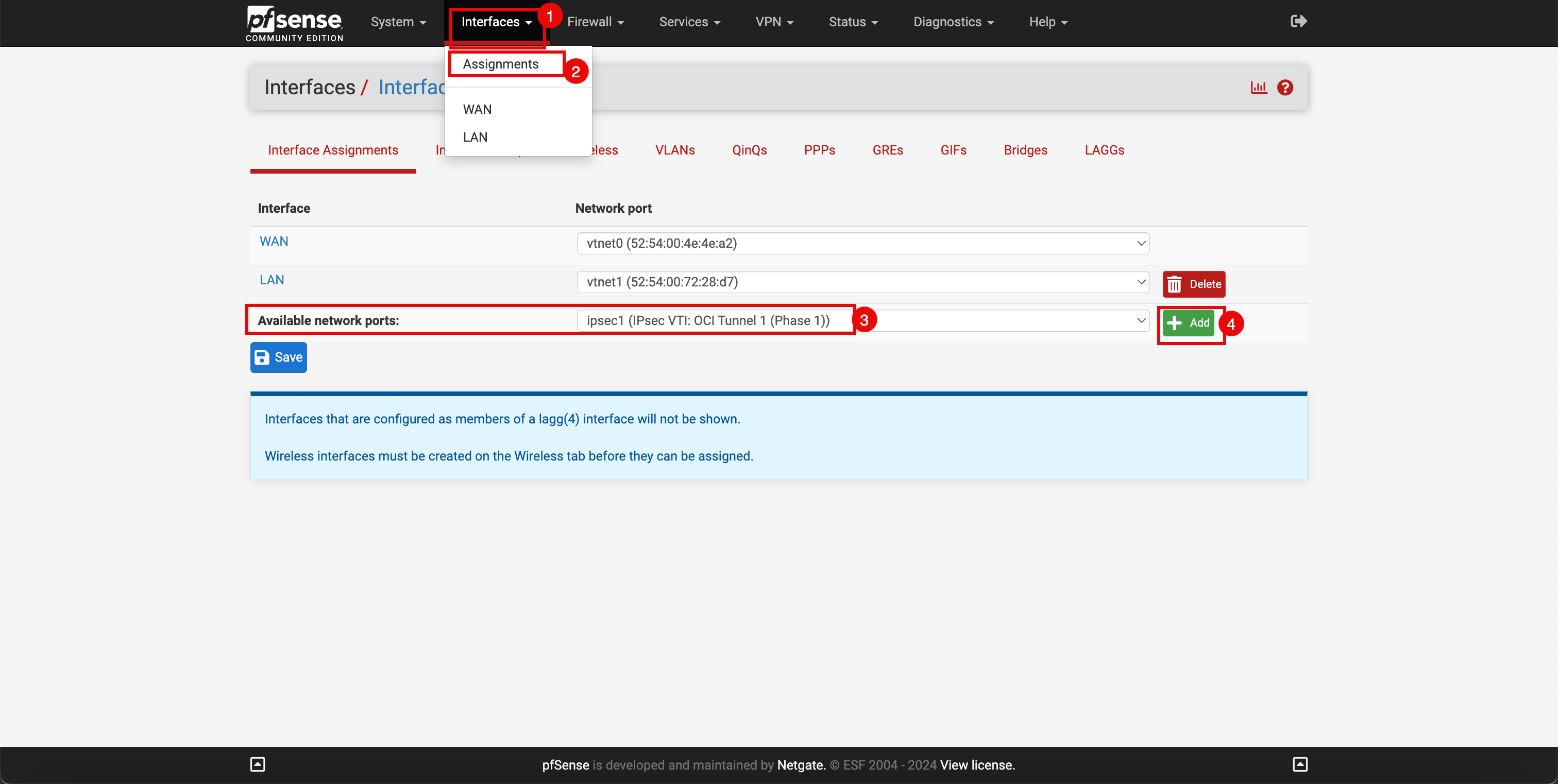

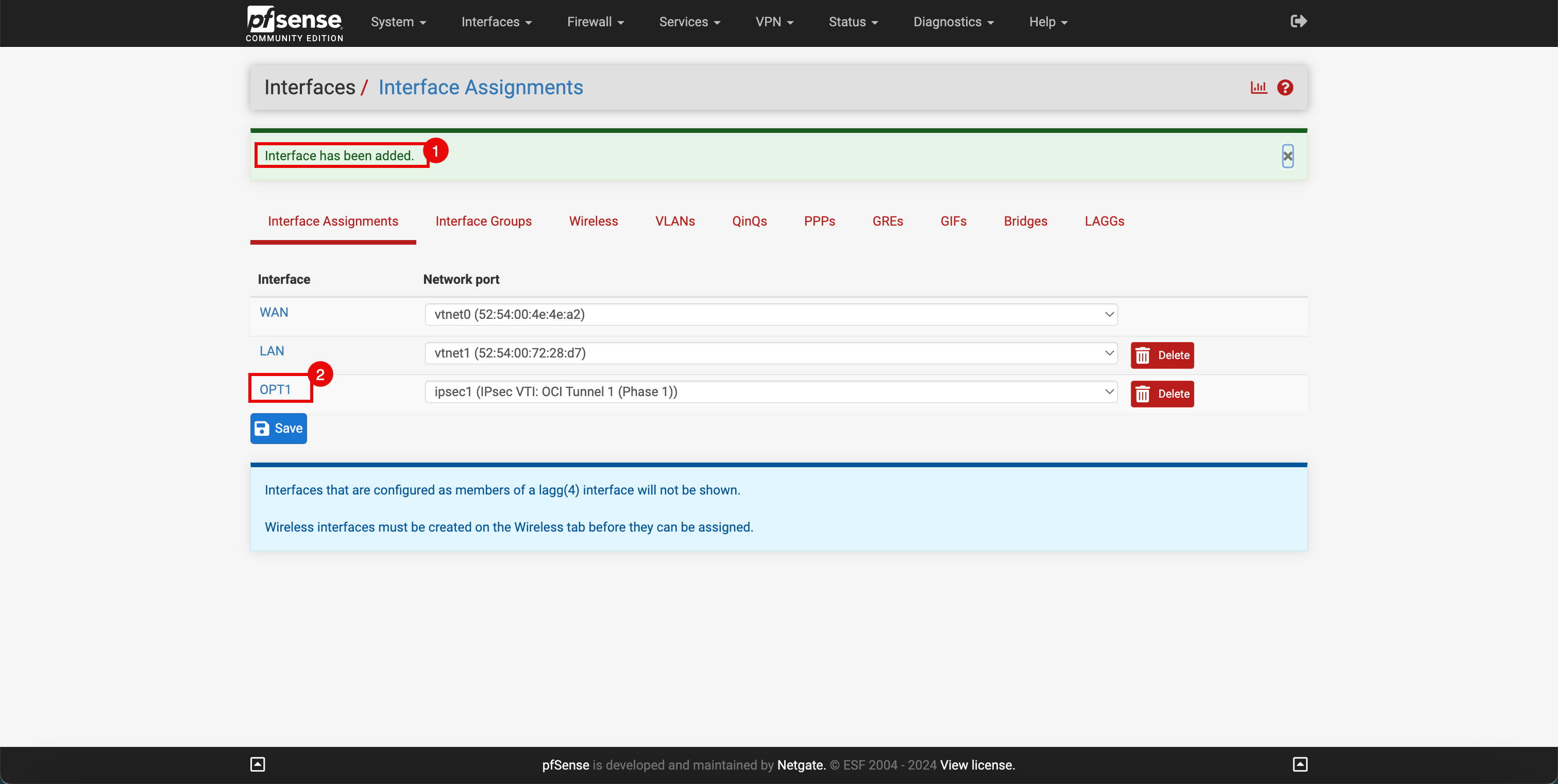

タスク5.3: トンネル・インタフェースの有効化

-

オンプレミス側でトンネル・インタフェースを有効にする必要があります。pfSenseポータルに移動します。

- 「インタフェース」ドロップダウン・メニューをクリックします。

- 「割当て」をクリックします。

- 新しいVTIインタフェースが使用可能であることに注意してください。

- 「+追加」をクリックしてインタフェースを追加します。

- インタフェースが追加されています。

- 追加したトンネル・インタフェース(

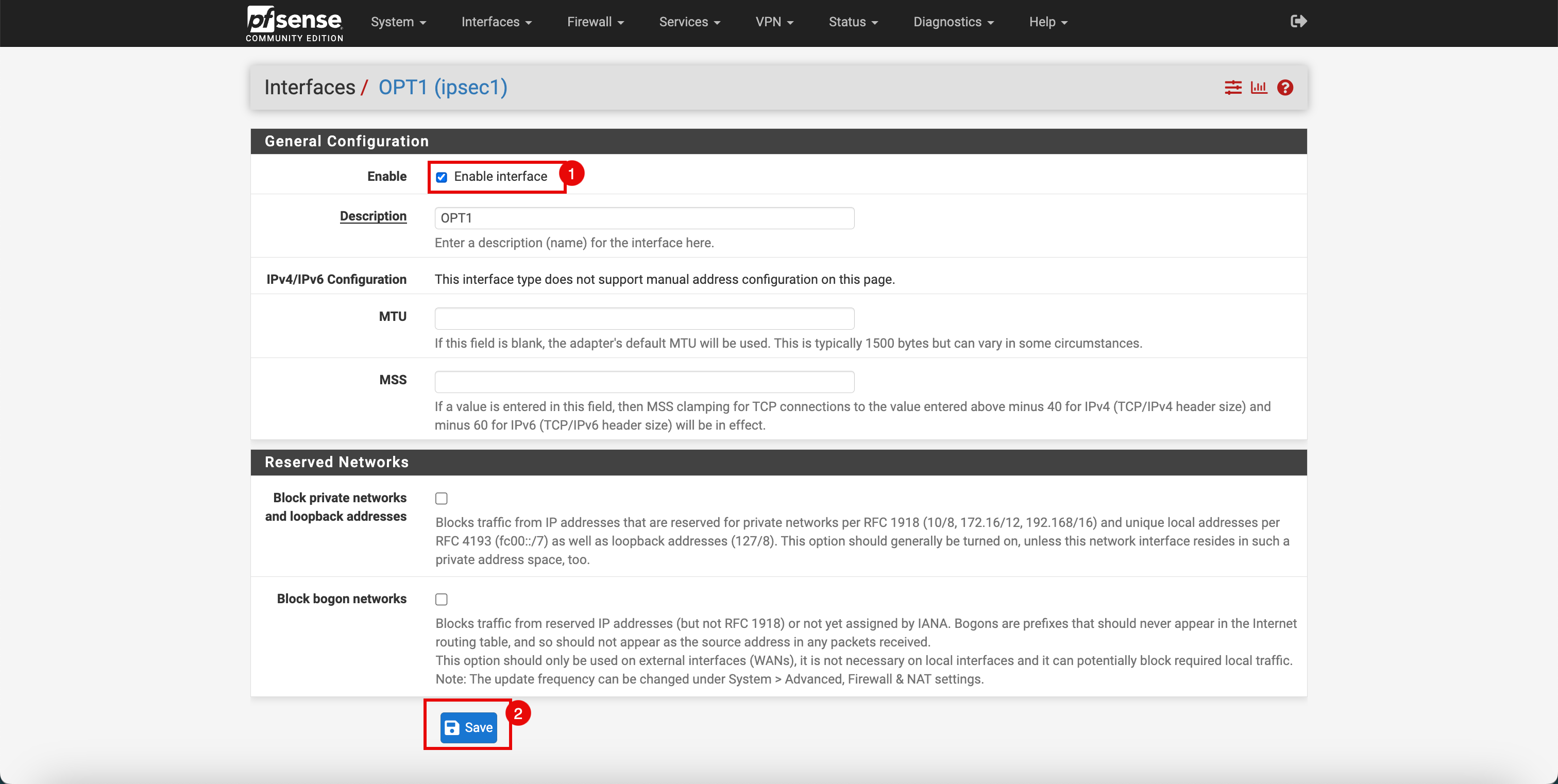

OPT1)をクリックします。

- インタフェースを有効にするには、「Enable interface」を選択します。

- 「保存」をクリックします。

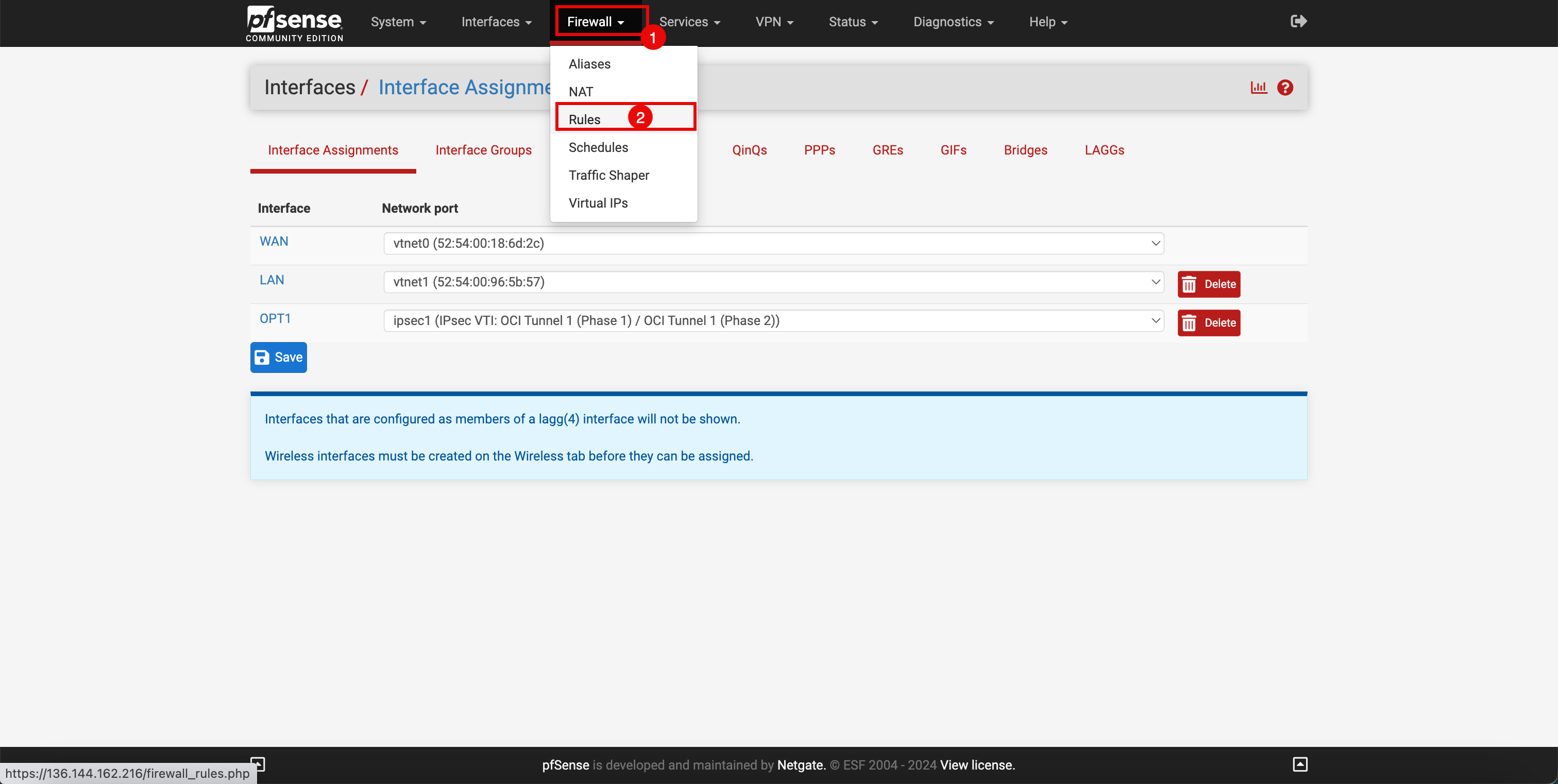

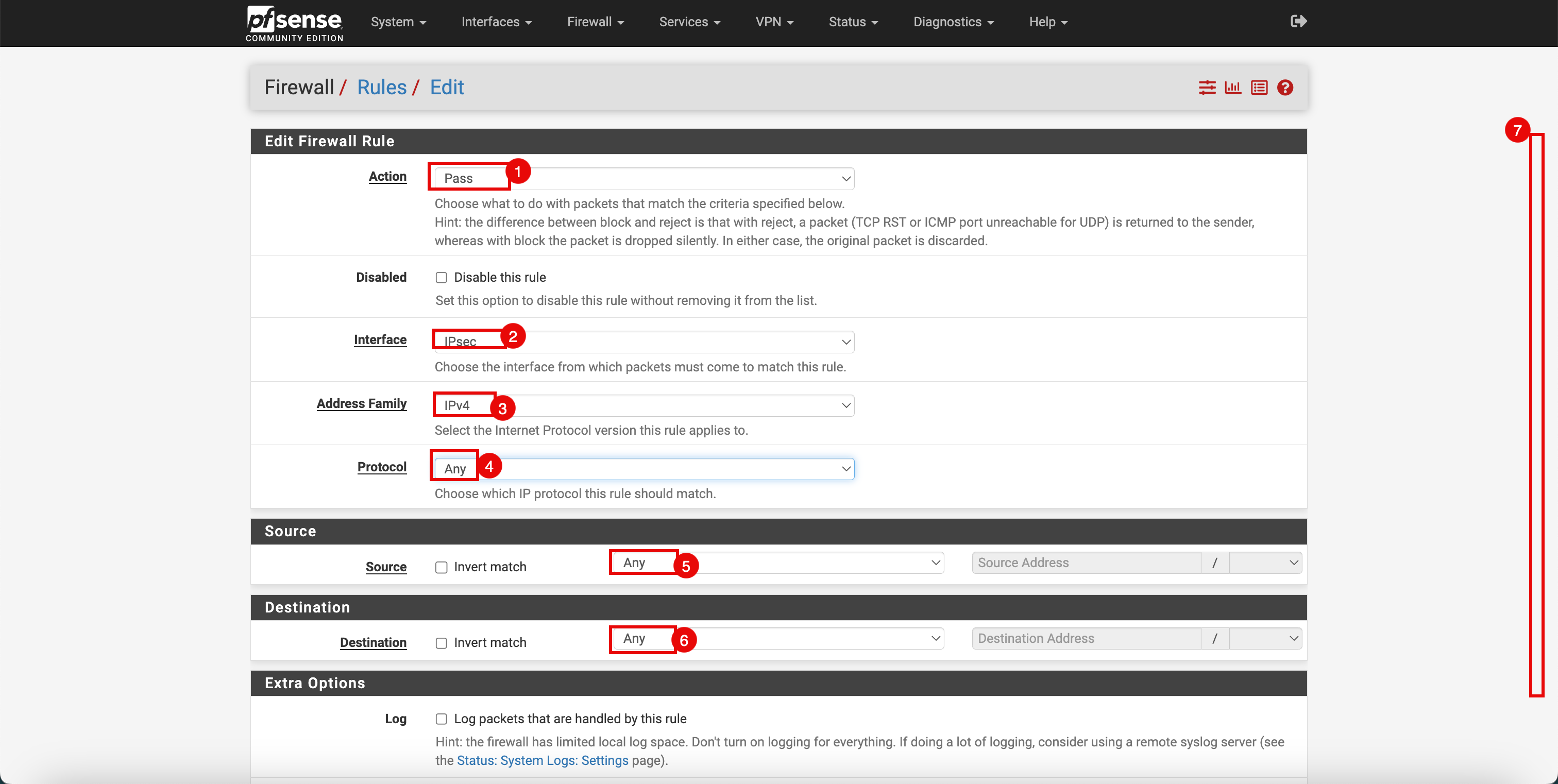

タスク5.4: IPSecのファイアウォール・ルールを開く

-

IPSecトラフィックがトンネルを通過できるようにするには、いくつかのファイアウォール・ルールを追加する必要があります。

- 「ファイアウォール」ドロップダウン・メニューをクリックします。

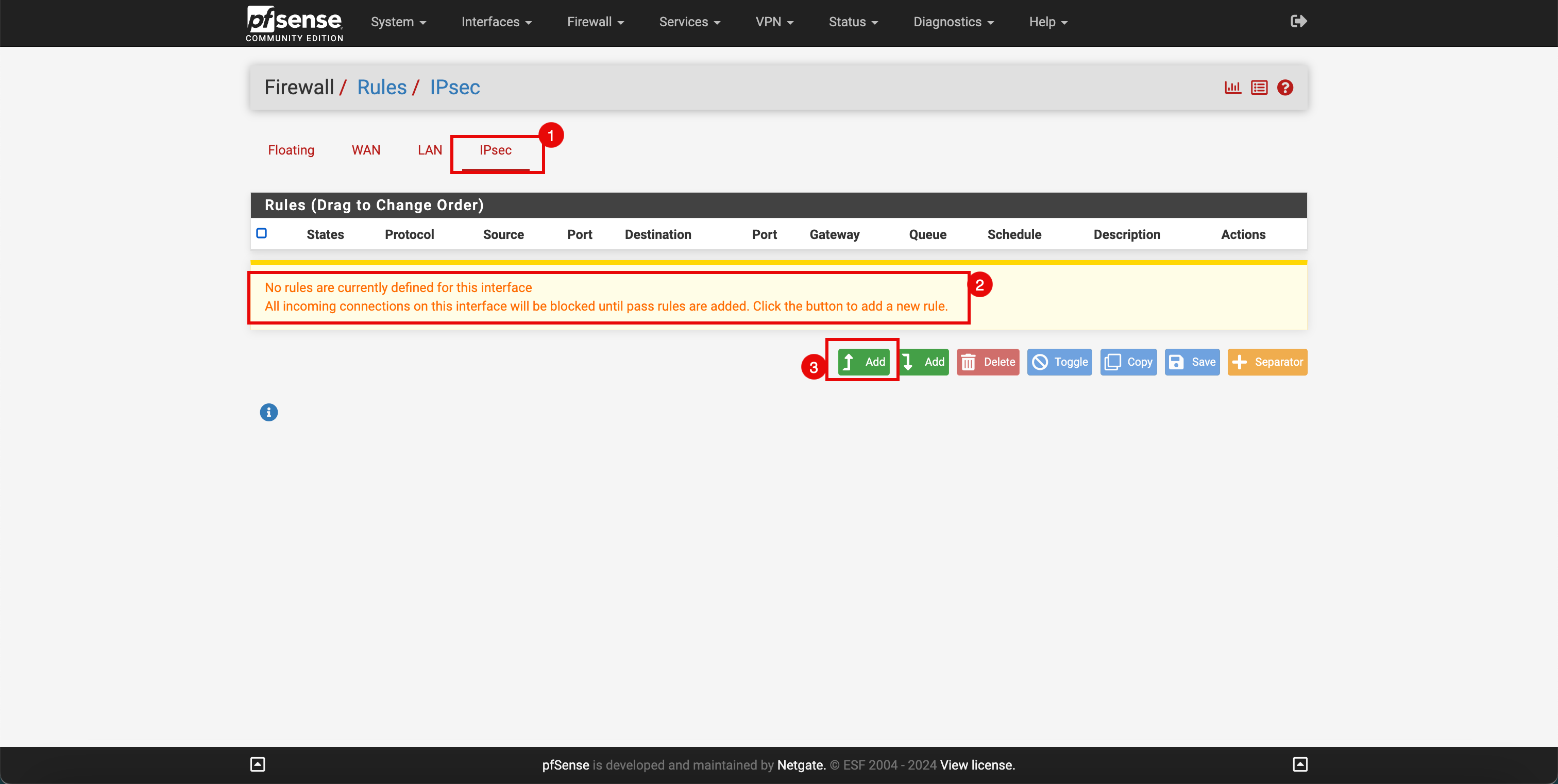

- 「ルール」をクリックします。

- IPSecをクリックします。

- IPSecに関連するファイアウォール・ルールはありません。

- 「追加」をクリックします。

-

次の情報を入力します

- 処置: 「パス」を選択します。

- インタフェース: IPSecを選択します。

- アドレス・ファミリ: IPv4を選択します。

- プロトコル: 「任意」を選択します。

- ソース: 「任意」を選択します。

- 宛先: 「任意」を選択します。

- 下へスクロール

-

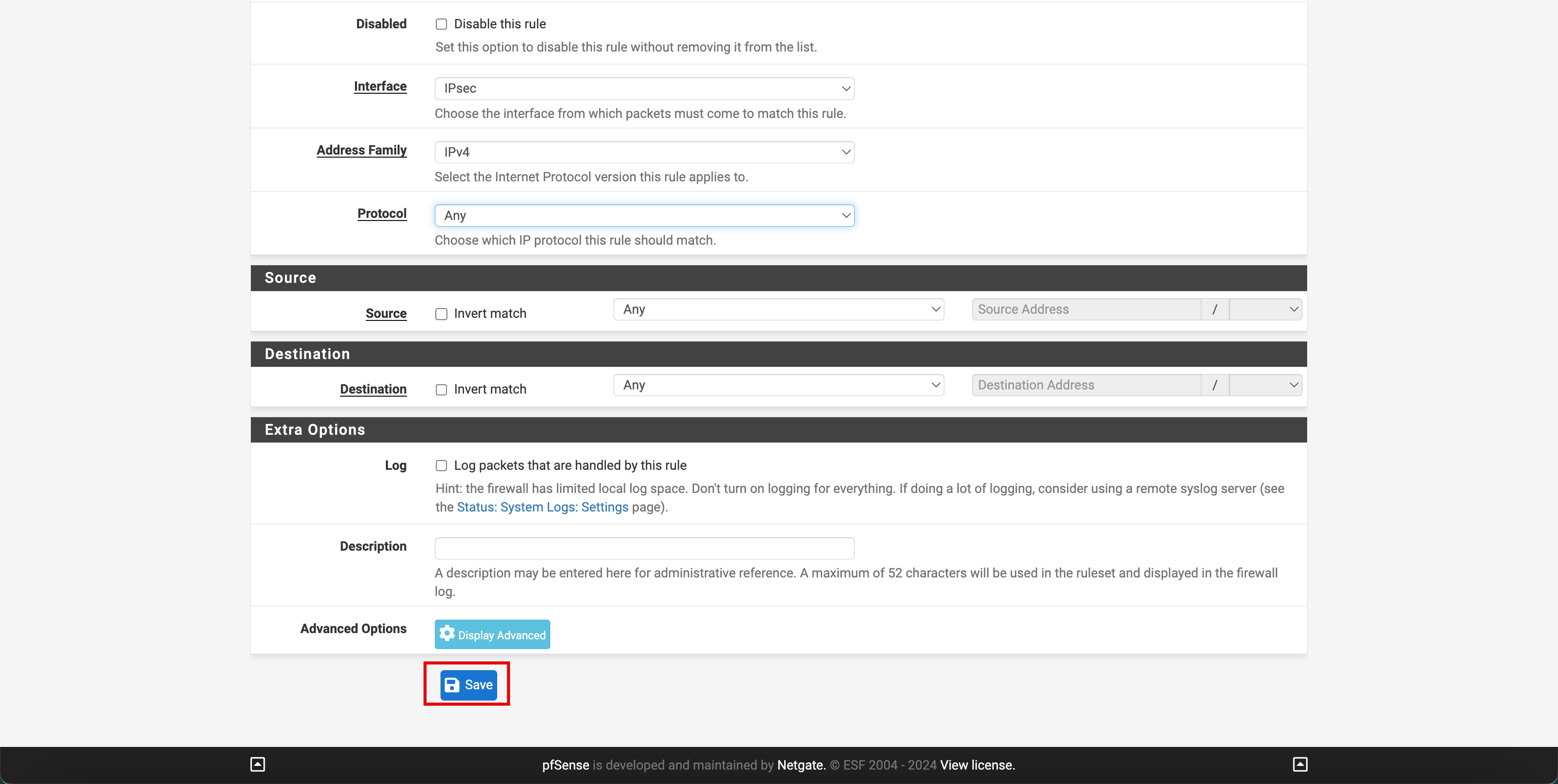

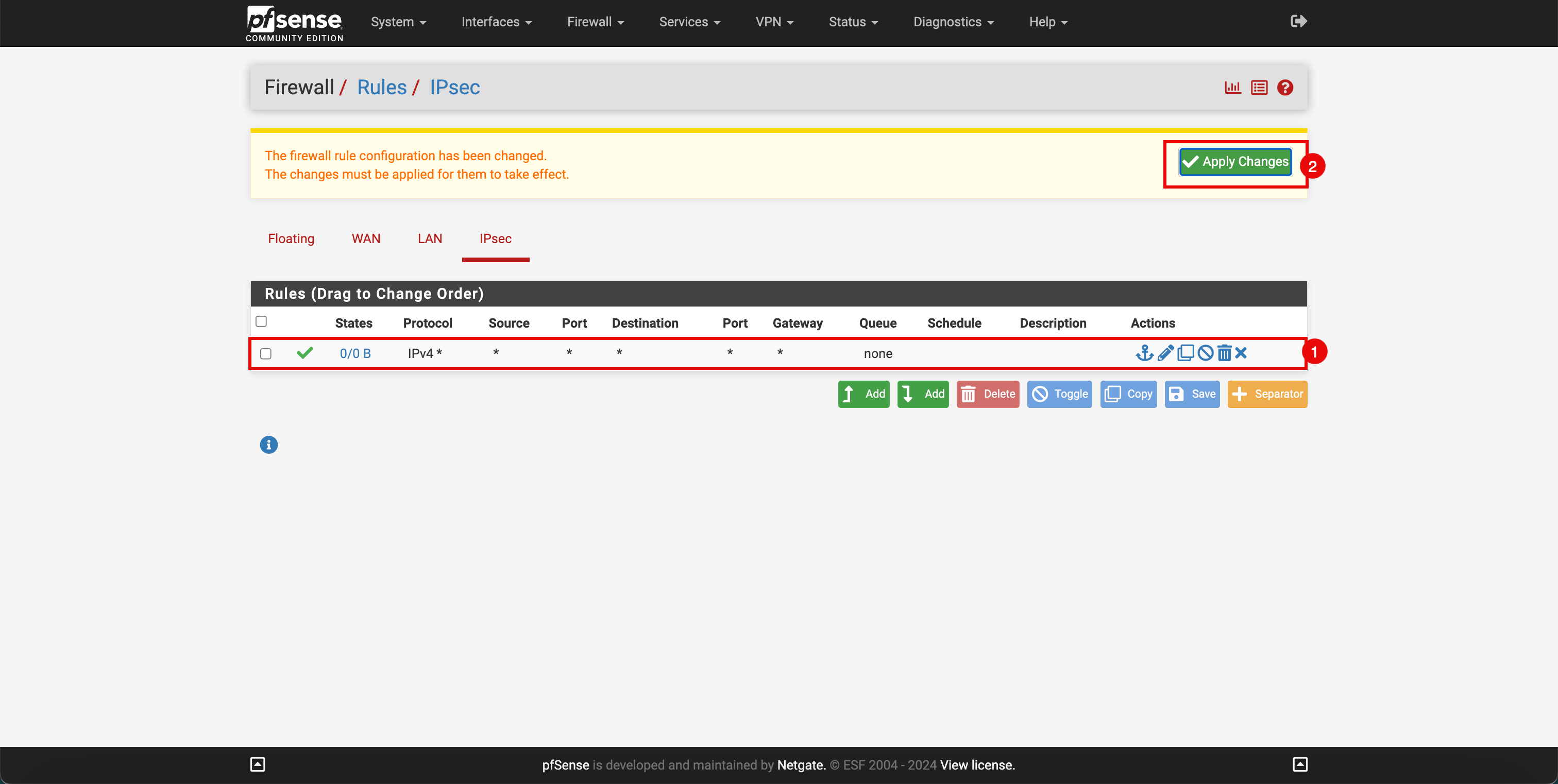

「保存」をクリックします。

- 新しいルールが設定されていることに注意してください。

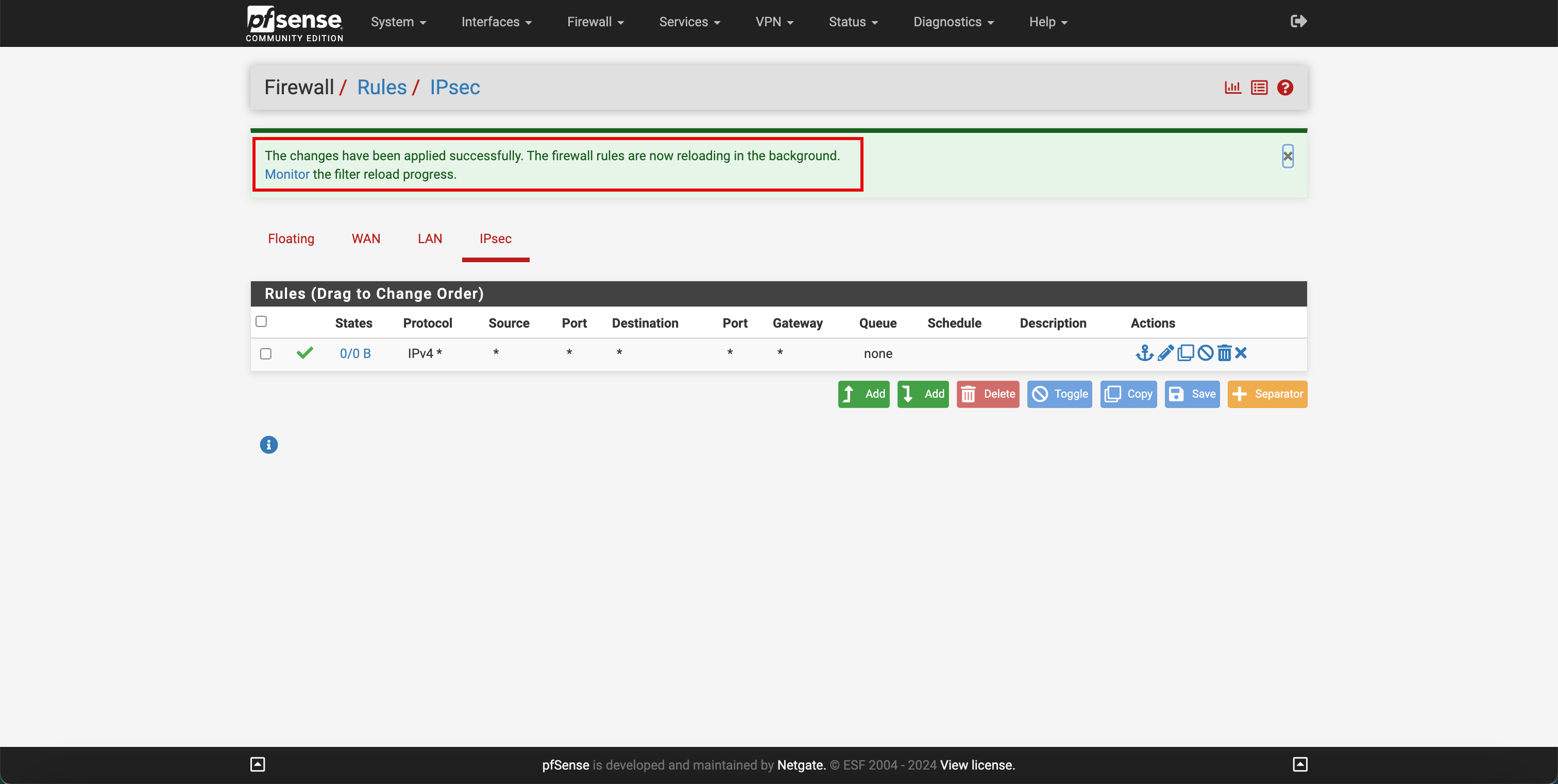

- 「変更の適用」をクリックして変更をコミットします。

-

変更が正常に適用されたことに注意してください。

タスク5.5: IPSecルーティングの構成

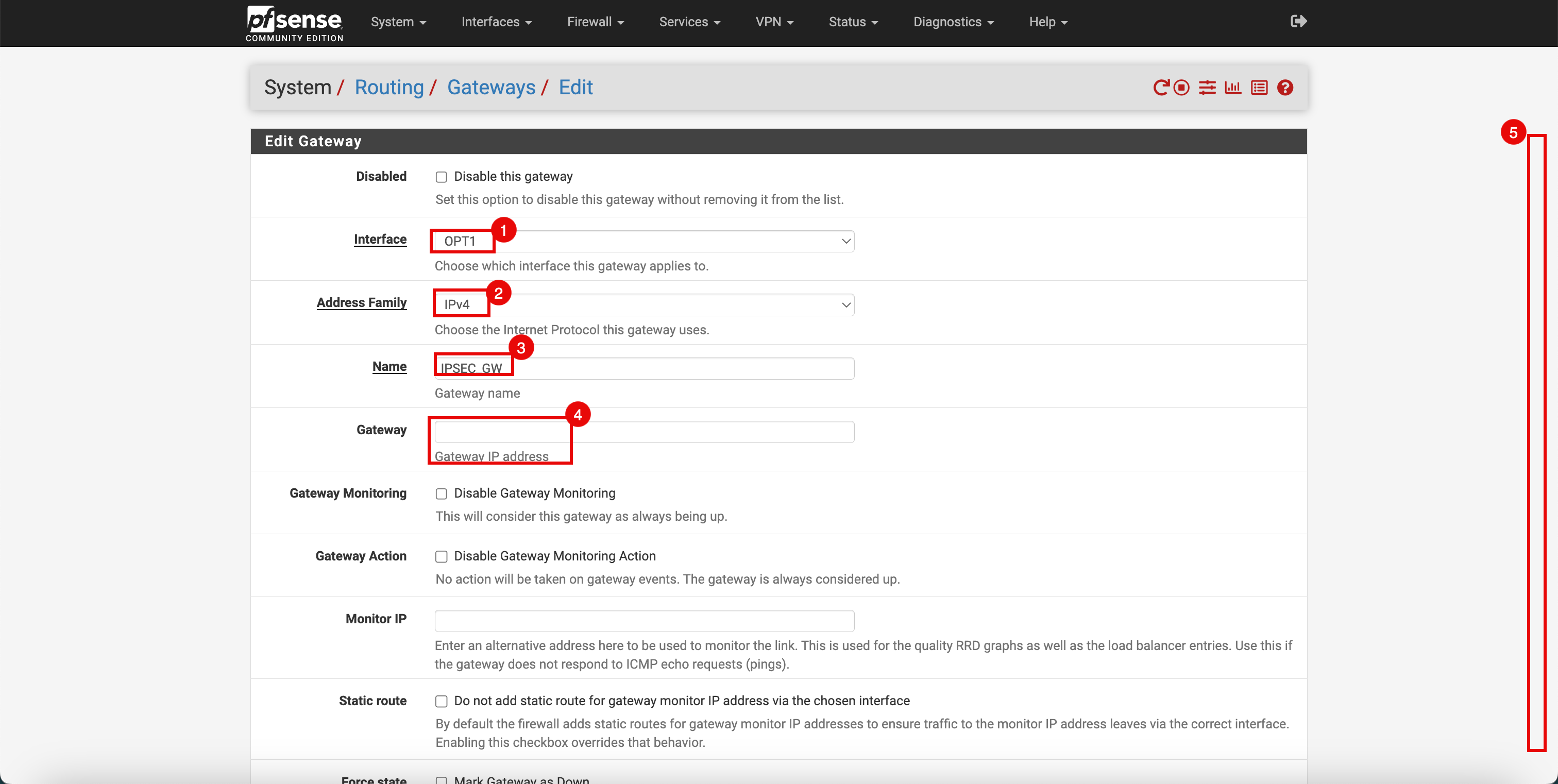

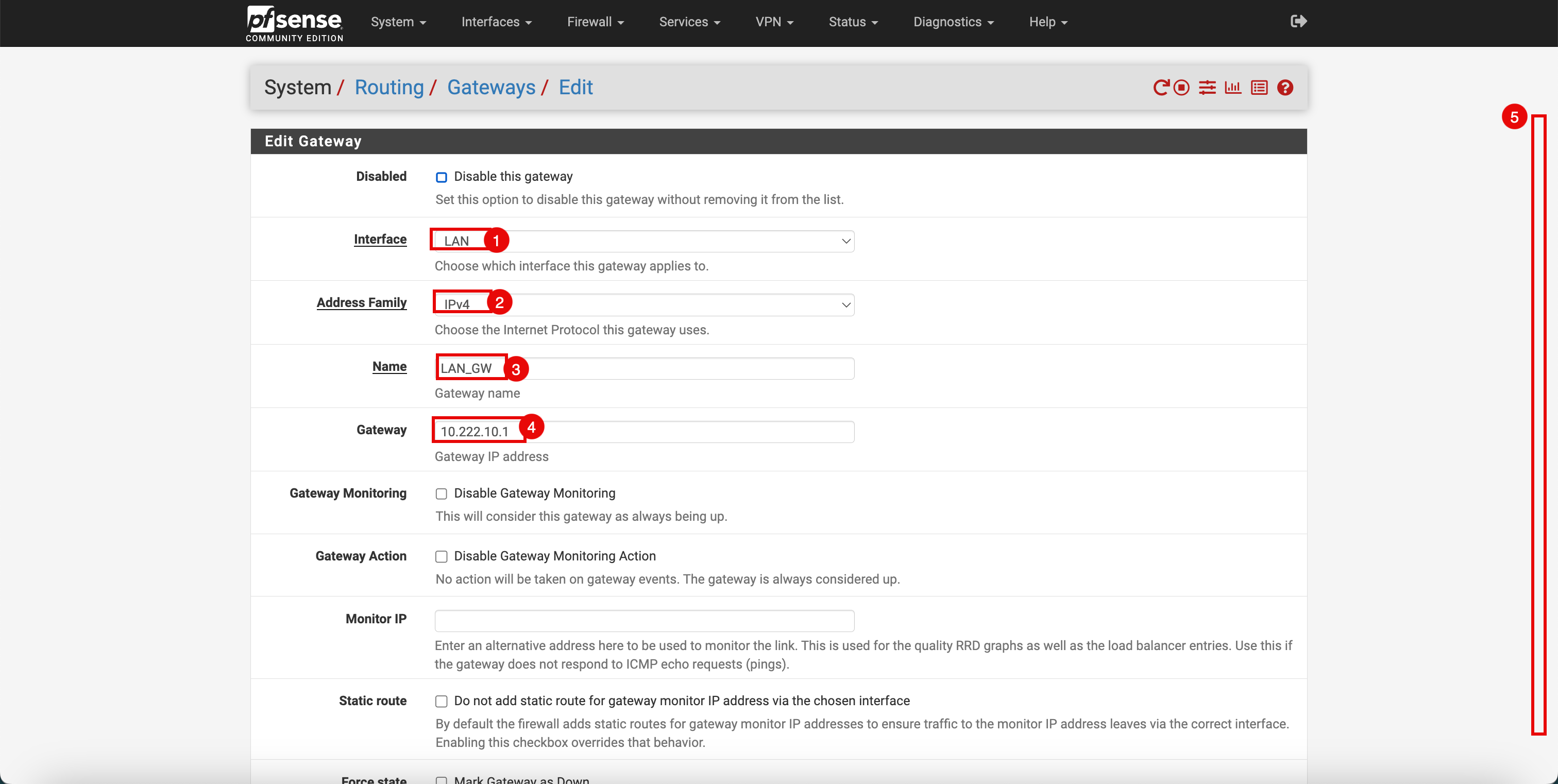

このタスクでは、pfSenseファイアウォールがIPSecトンネルおよびOPT1インタフェースを介してOCIネットワークにアクセスする方法を認識するようにルーティングを構成します。

-

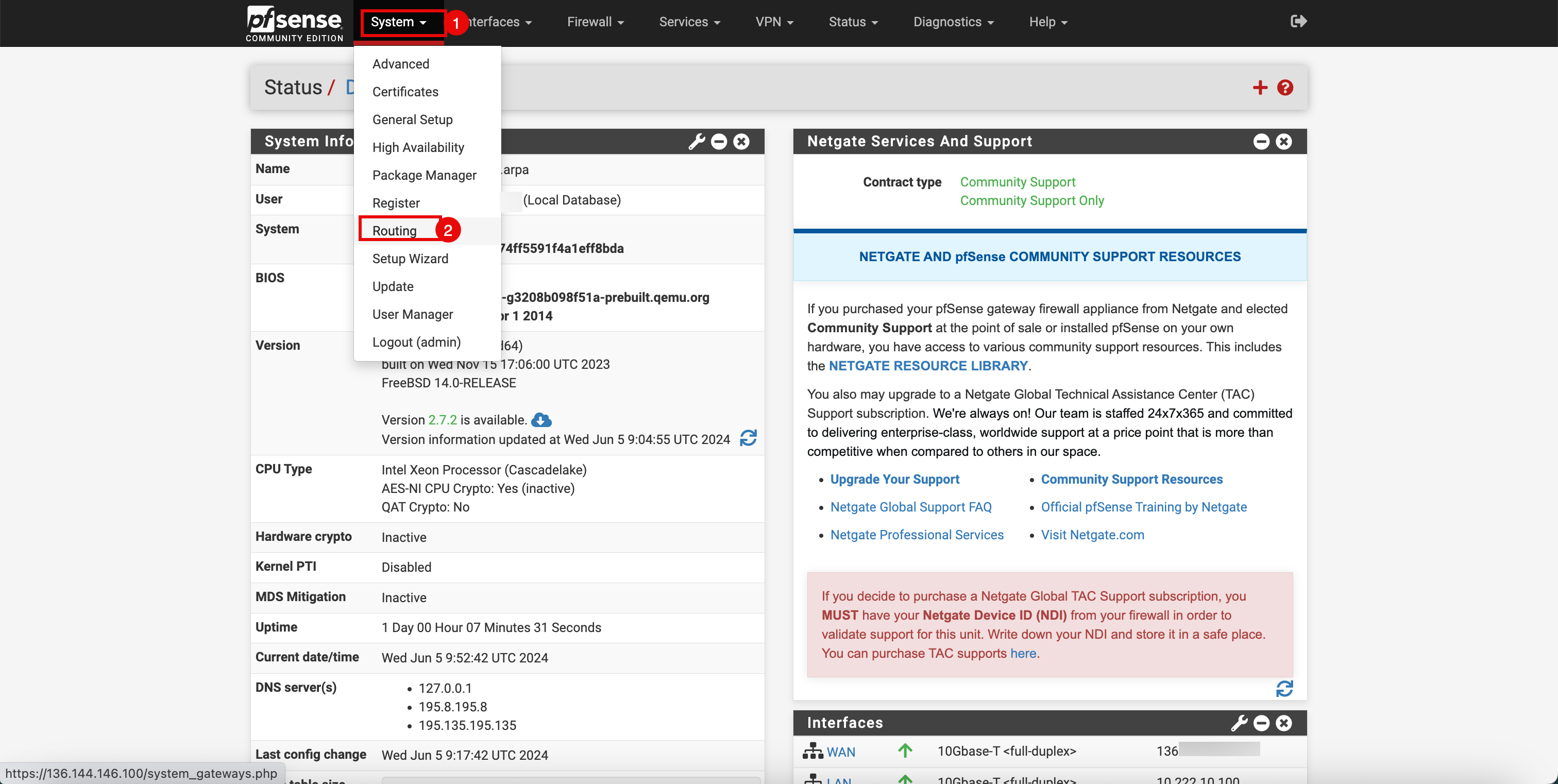

pfSenseポータルに移動します。

- 「システム」ドロップダウン・メニューをクリックします。

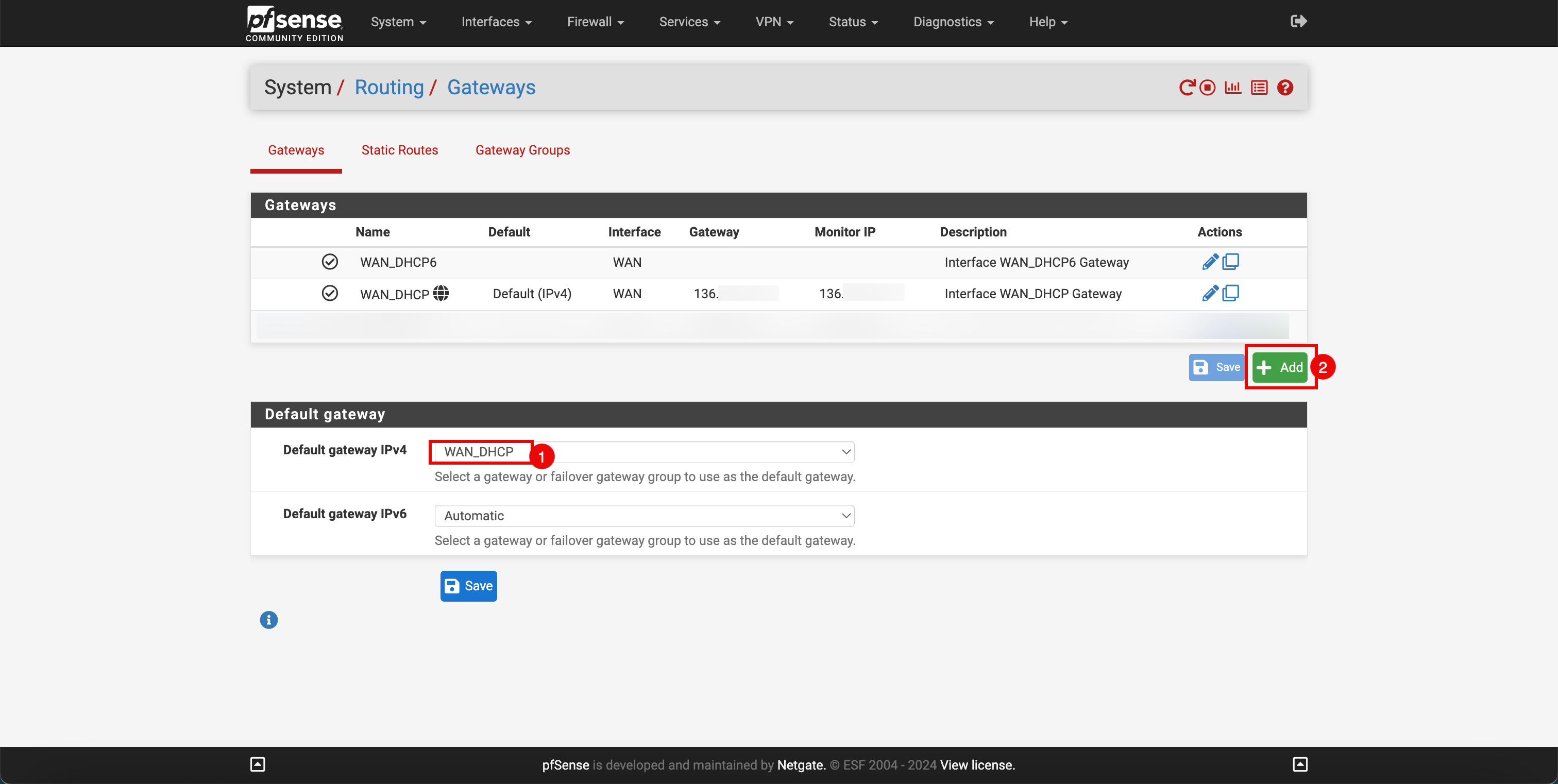

- 「ルーティング」をクリックします。

- 「デフォルト・ゲートウェイIPv4」で、最初の優先度として使用する

WAN_DHCPまたはデフォルト・ゲートウェイを選択します。 - 「+追加」をクリックして、新しいゲートウェイを追加します。

- 「インタフェース」で、

OPT1(トンネル・インタフェース)を選択します。 - 「アドレス・ファミリ」で、

IPv4を選択します。 - 「名前」に入力します。

- 「ゲートウェイ」で、IPアドレスを指定しないでください。空白のままにします。

- 下へスクロール

-

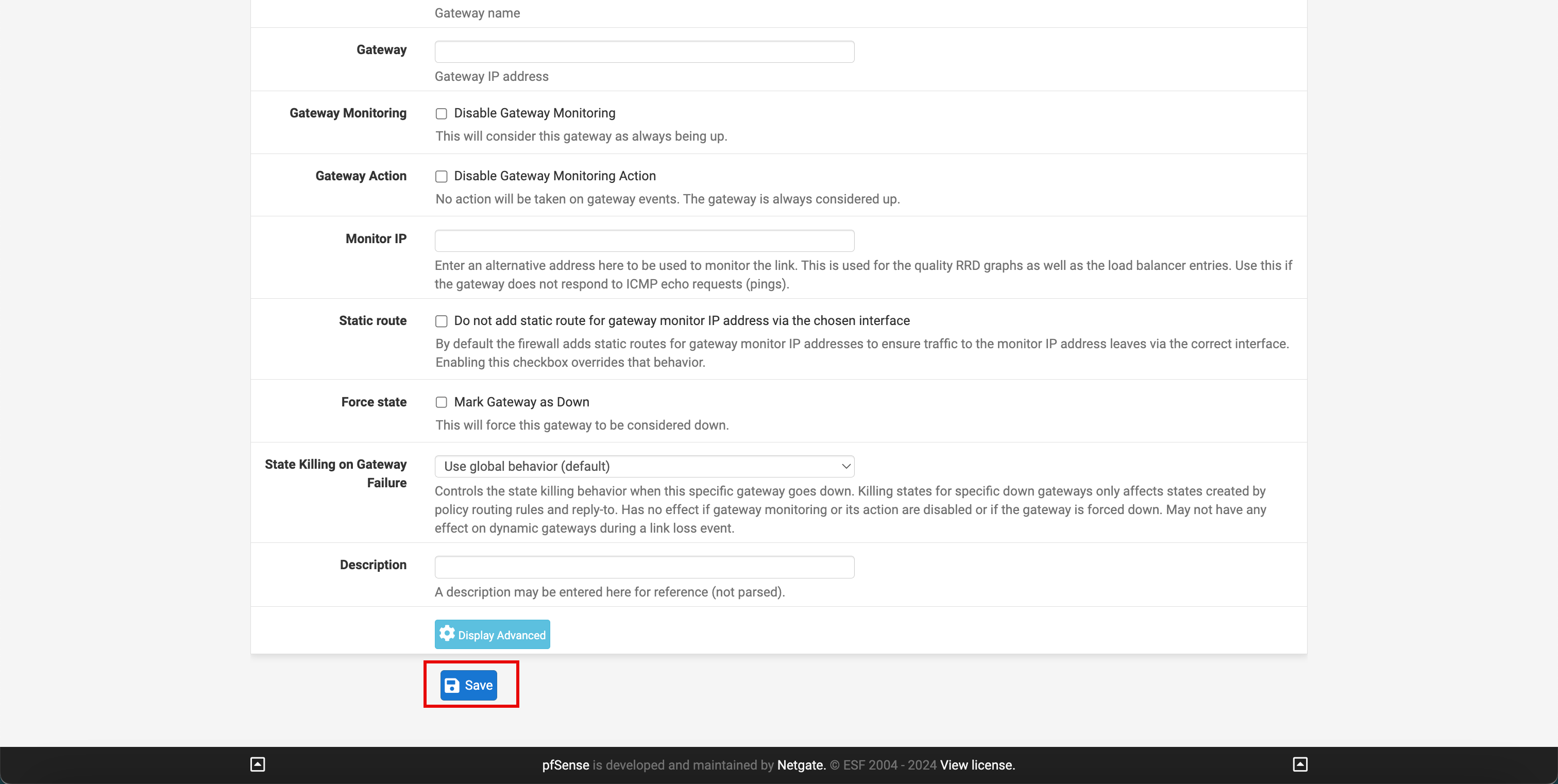

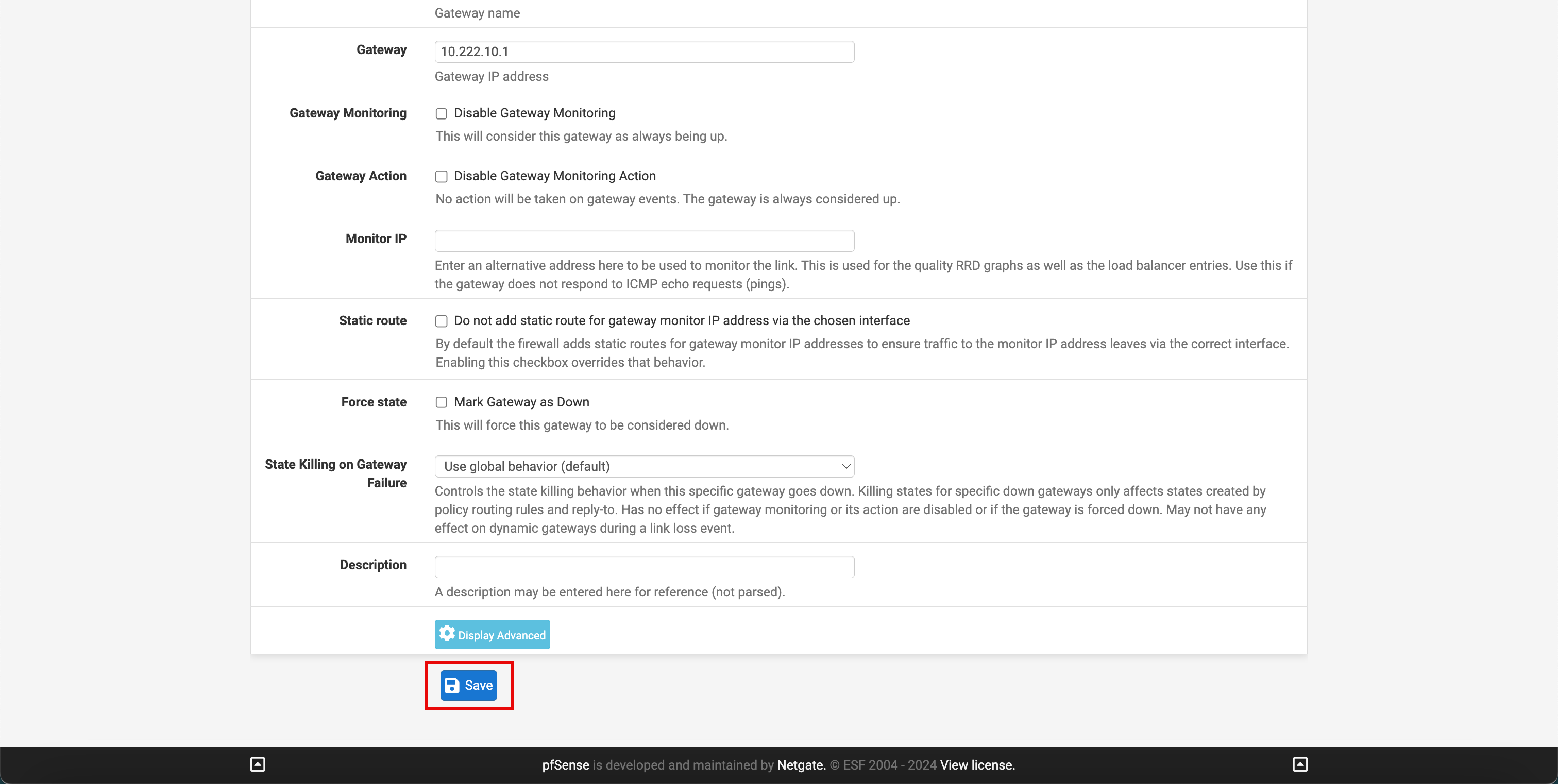

「保存」をクリックします。

- 新しいゲートウェイがIPSecトンネルに追加されていることに注意してください。

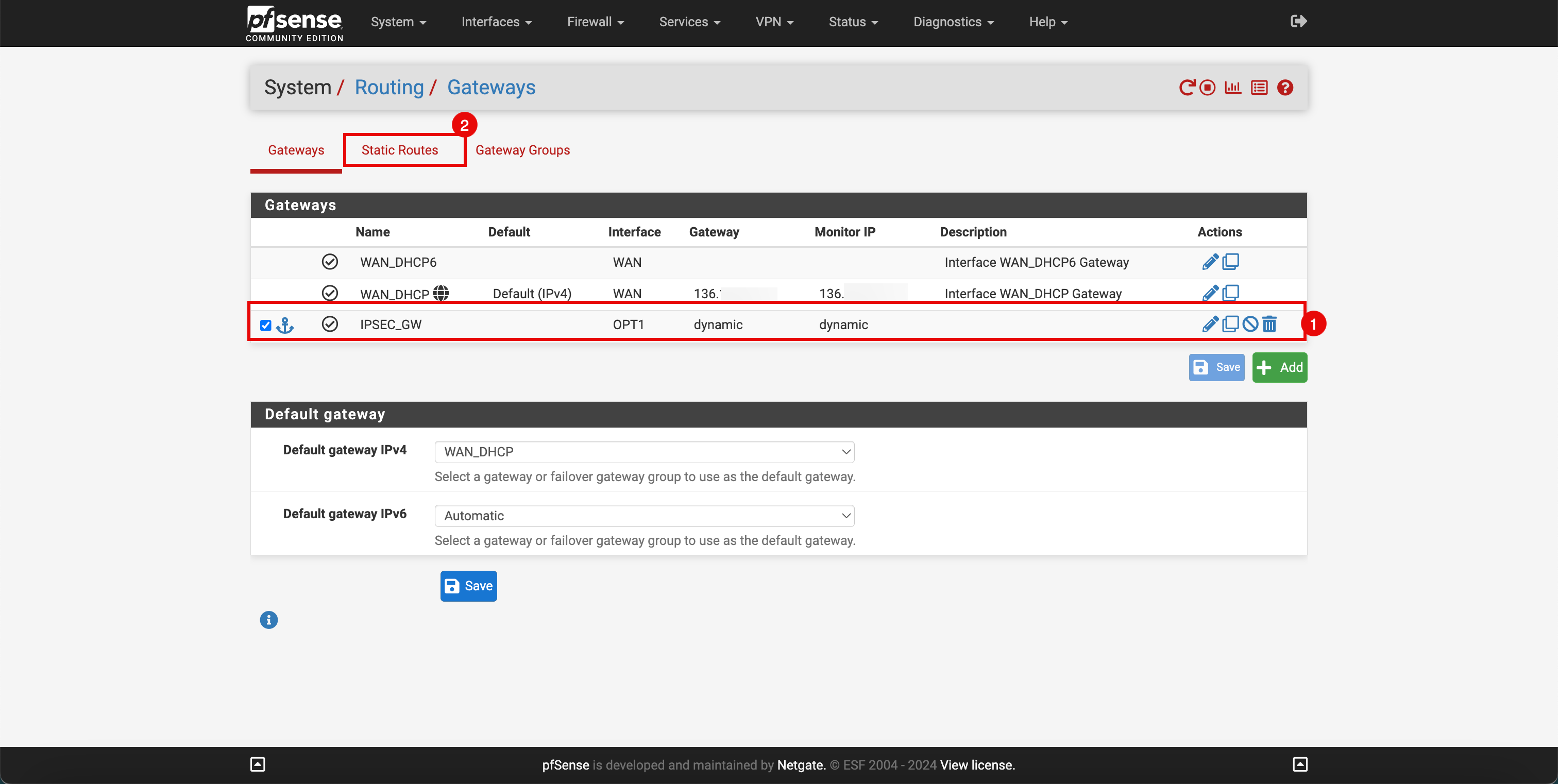

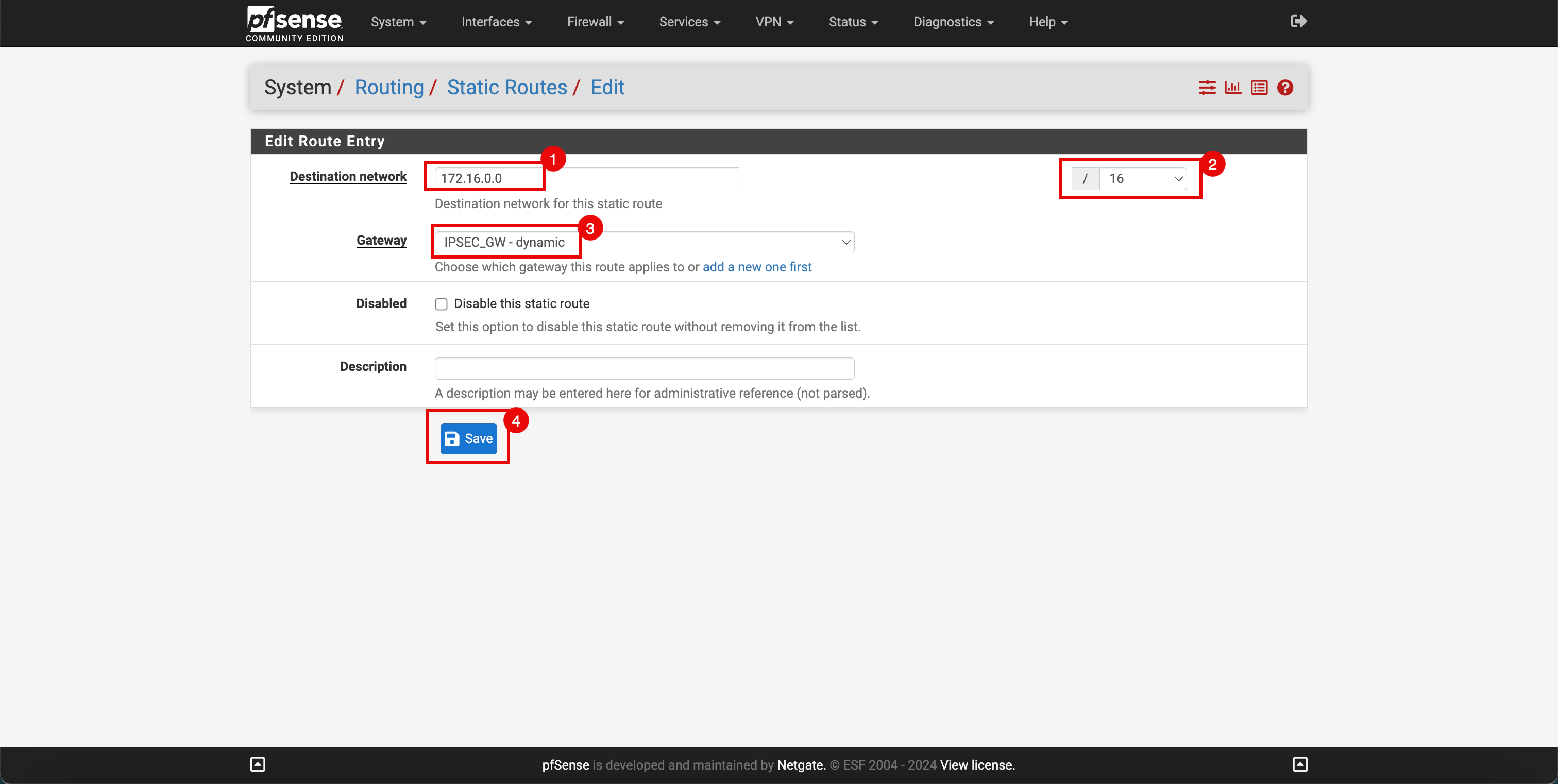

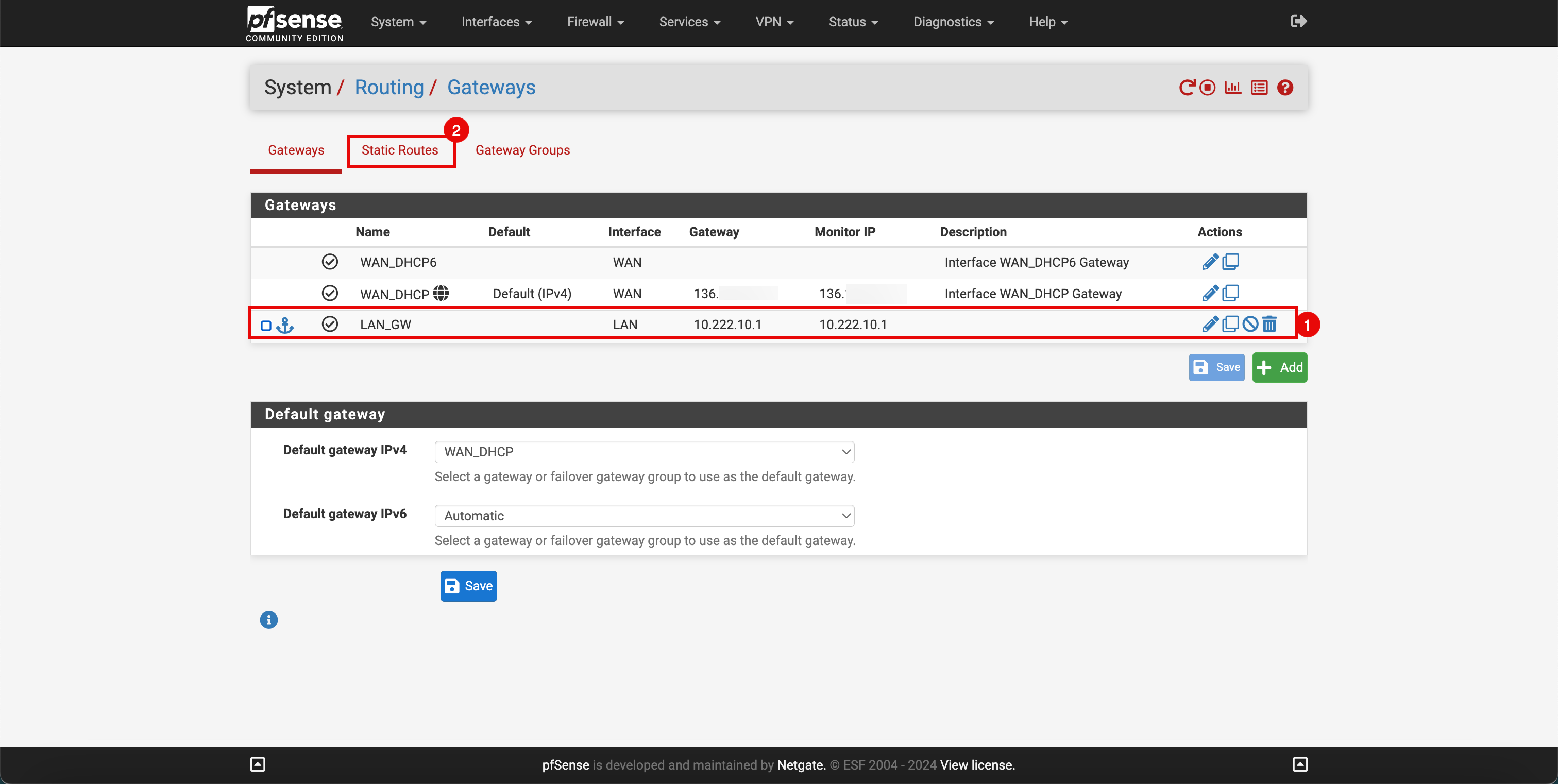

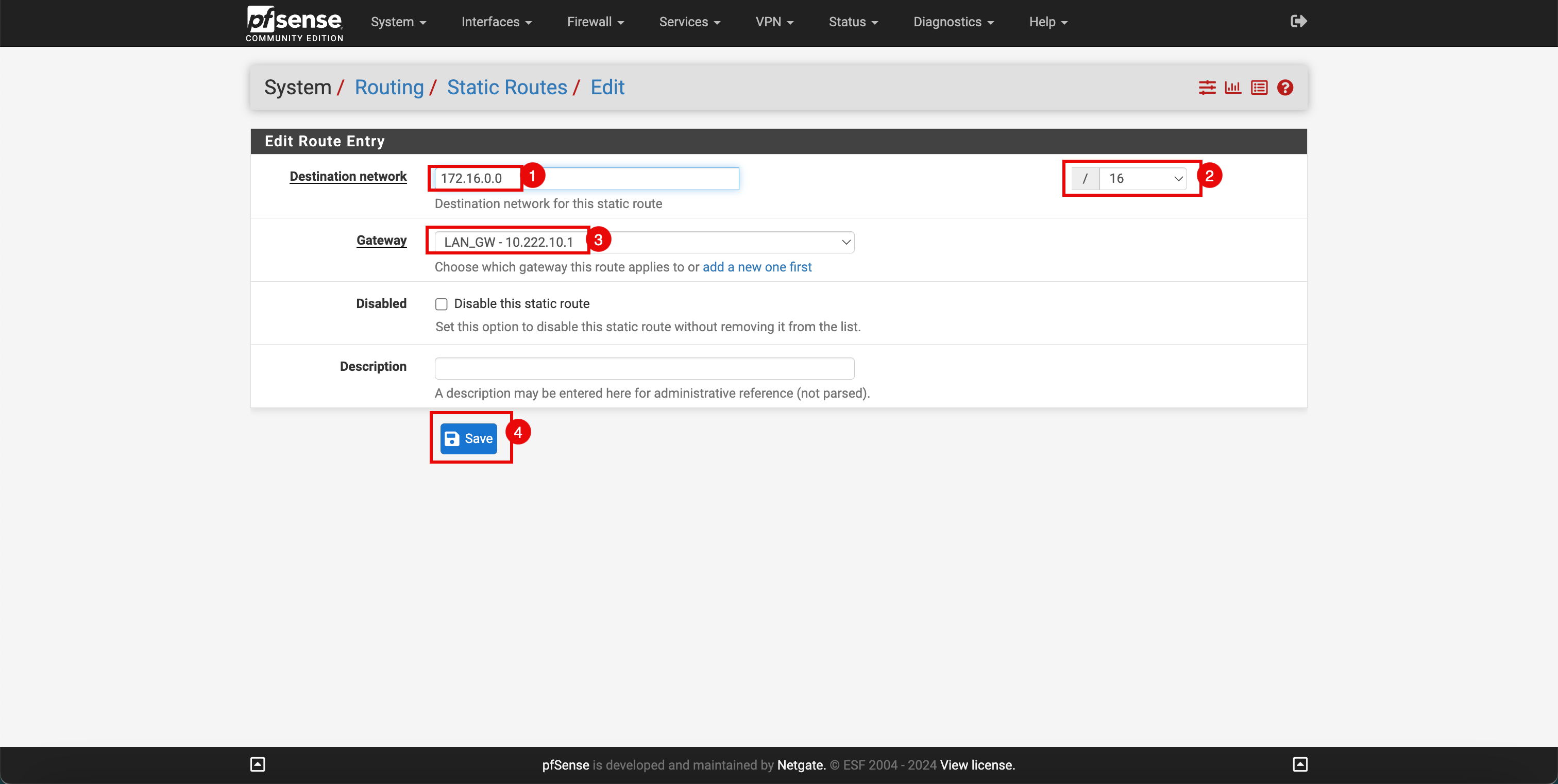

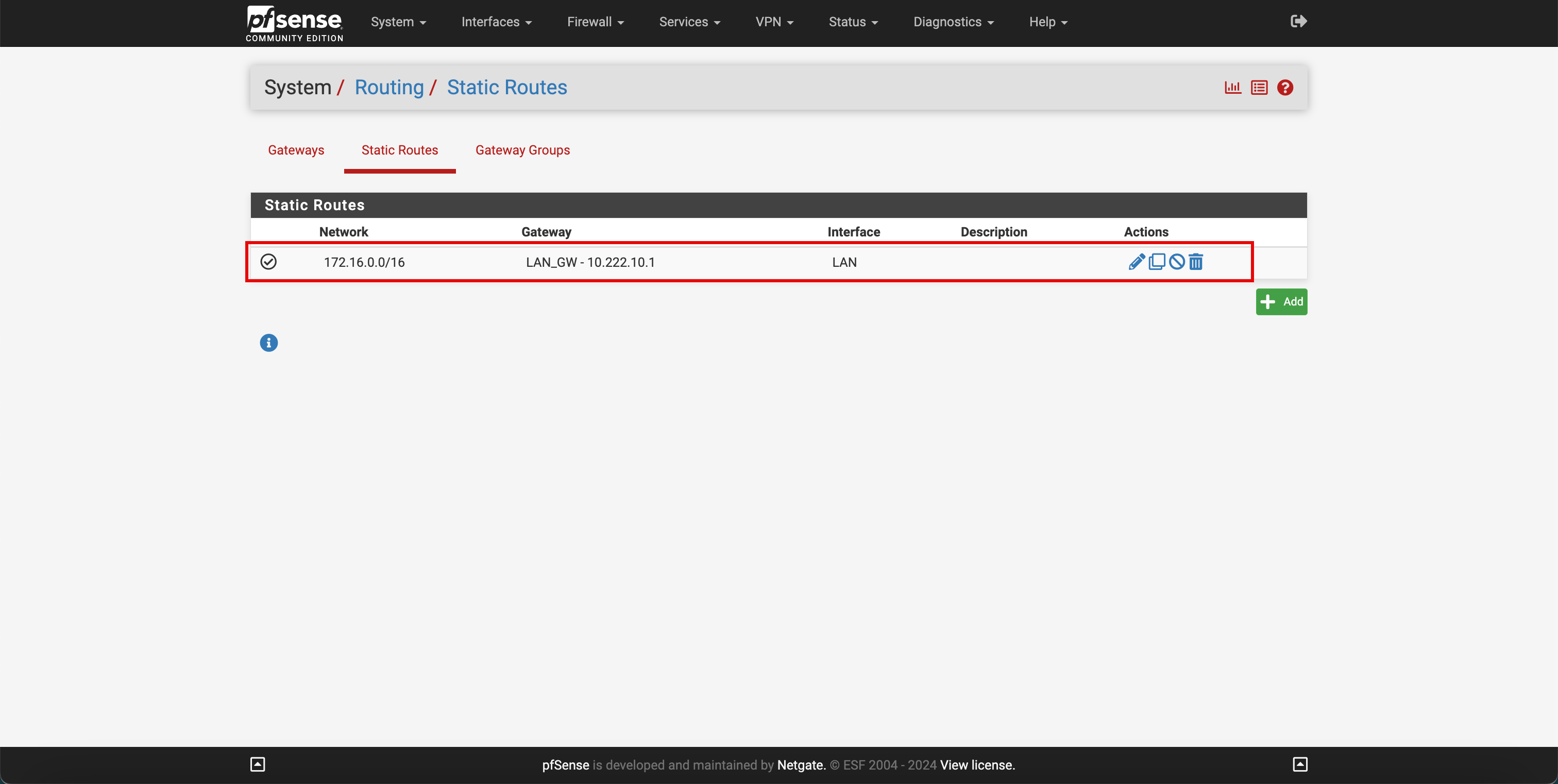

- 「Static Routes」をクリックします。

-

「+追加」をクリックして、新しい静的ルートを追加します。

- OCIネットワークの宛先ネットワークを入力します。

- OCIネットワークの「宛先サブネット」を選択します。

- 上で作成したゲートウェイを選択します。

- 「保存」をクリックします。

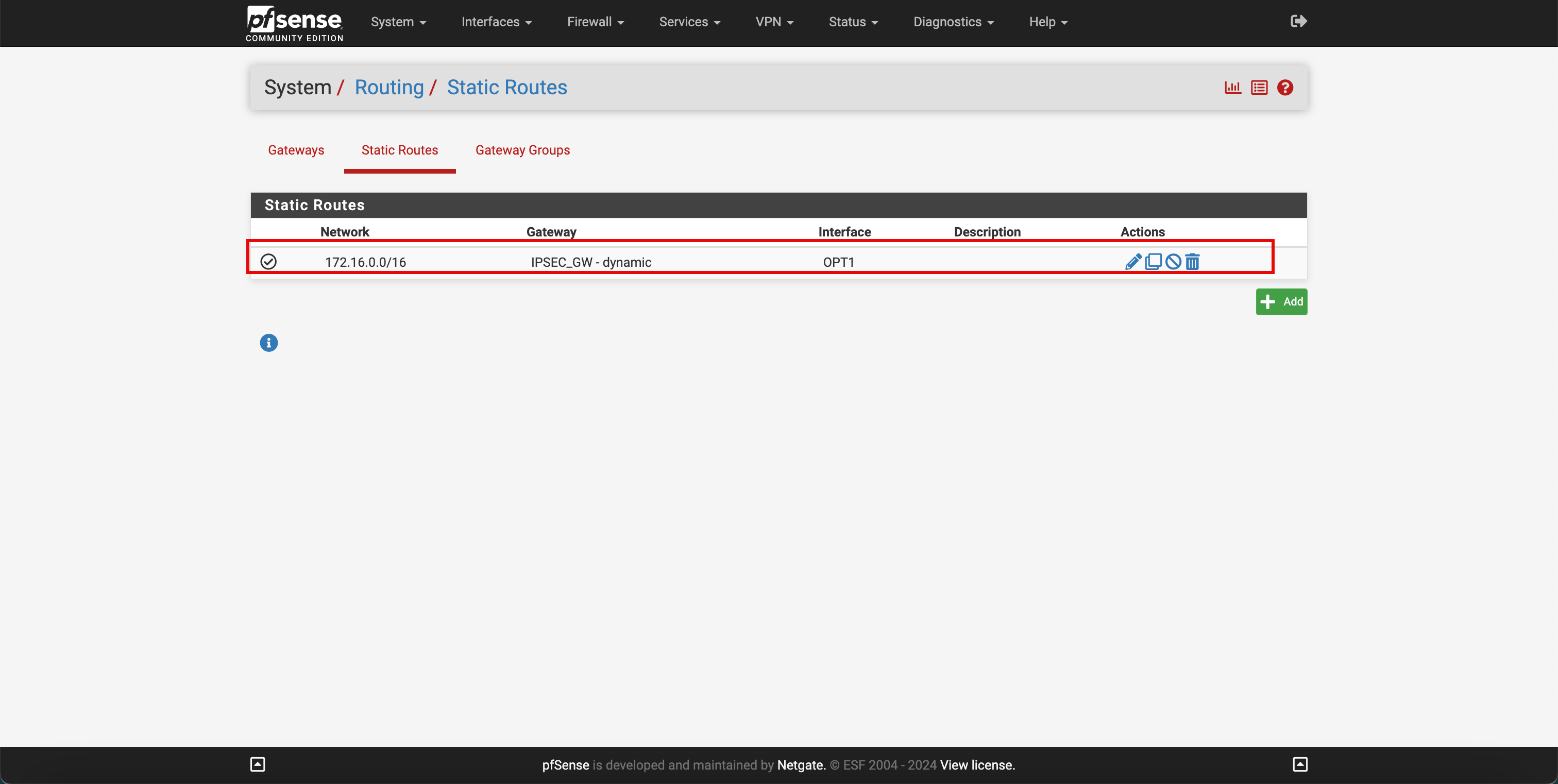

-

トンネル・インタフェースを使用してOCIネットワークを宛先とするトラフィックをルーティングする新しい静的ルートが追加されています。

タスク6: オンプレミス・ルーティングの構成

ルーティングは、pfSense (IPSec VPNエンドポイント)で機能しています。残りのオンプレミス・ネットワークがOCIネットワークに到達する方法を知っていることを確認する必要があります。そのため、OCI宛てのすべてのトラフィックをpfSense VPNエンドポイントにルーティングする必要があります。

テスト・オンプレミス・コンピュート・クライアントでのルーティングの構成

オンプレミス・ネットワークをシミュレートするために、pfSenseインスタンスを使用しています。

ノート:これは、IPSecトンネルの構成に使用したインスタンスとは別のインスタンスです。

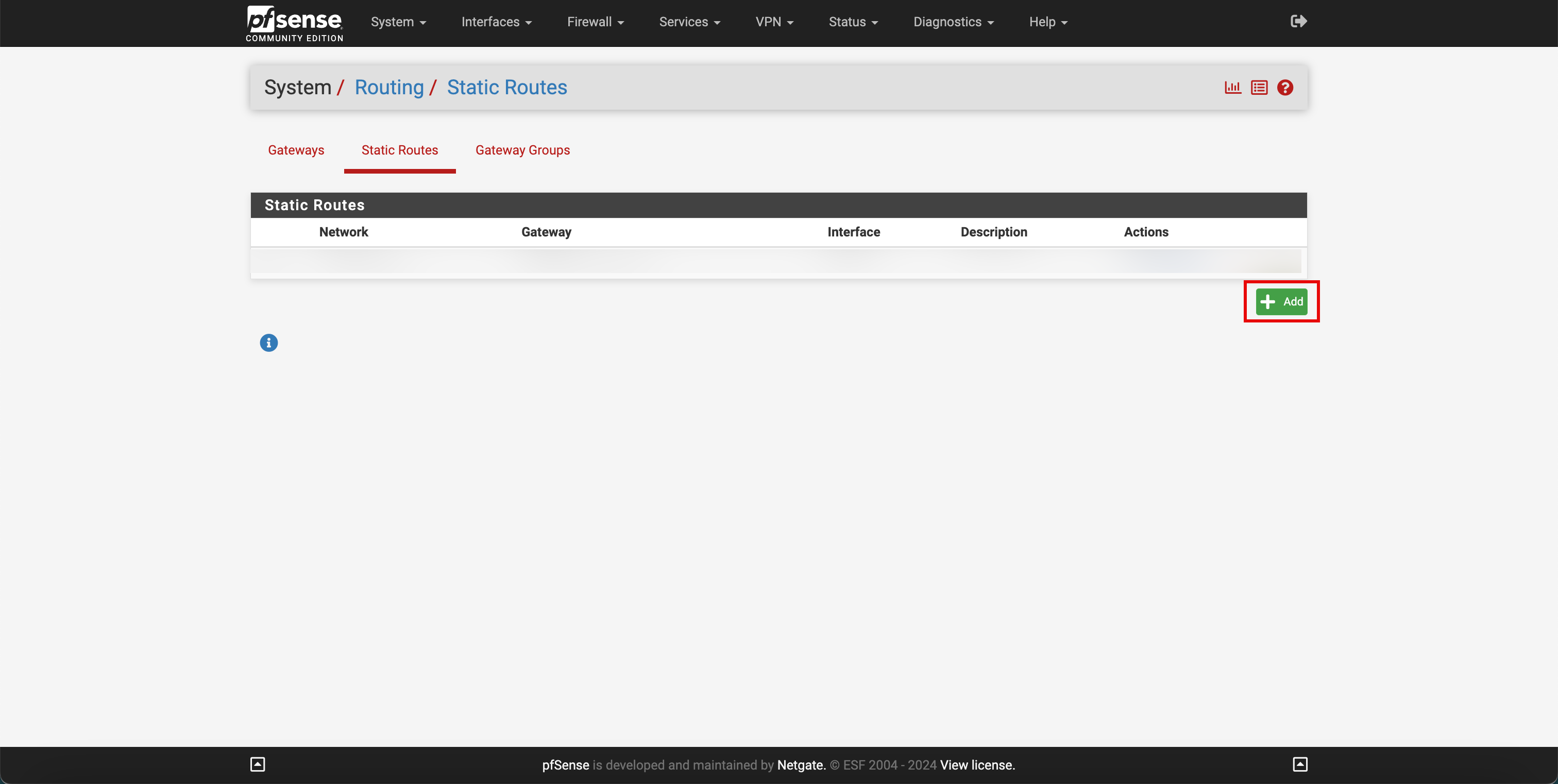

-

PfSenseポータルに移動します。

- 「システム」ドロップダウン・メニューをクリックします。

- 「ルーティング」をクリックします。

WAN_DHCPまたは最初の優先度として使用されるデフォルト・ゲートウェイを選択します。- 「+追加」をクリックして、新しいゲートウェイを追加します。

- 「インタフェース」で、

LANを選択します。 - 「アドレス・ファミリ」で、

IPv4を選択します。 - 「名前」に入力します。

- もう一方のpfSenseインスタンスのLAN IPアドレス(IPSecトンネルを終了するインスタンス)を入力します。

- 下へスクロール

-

「保存」をクリックします。

- 他のpfSenseインスタンス用に新しいゲートウェイが追加されていることに注意してください。

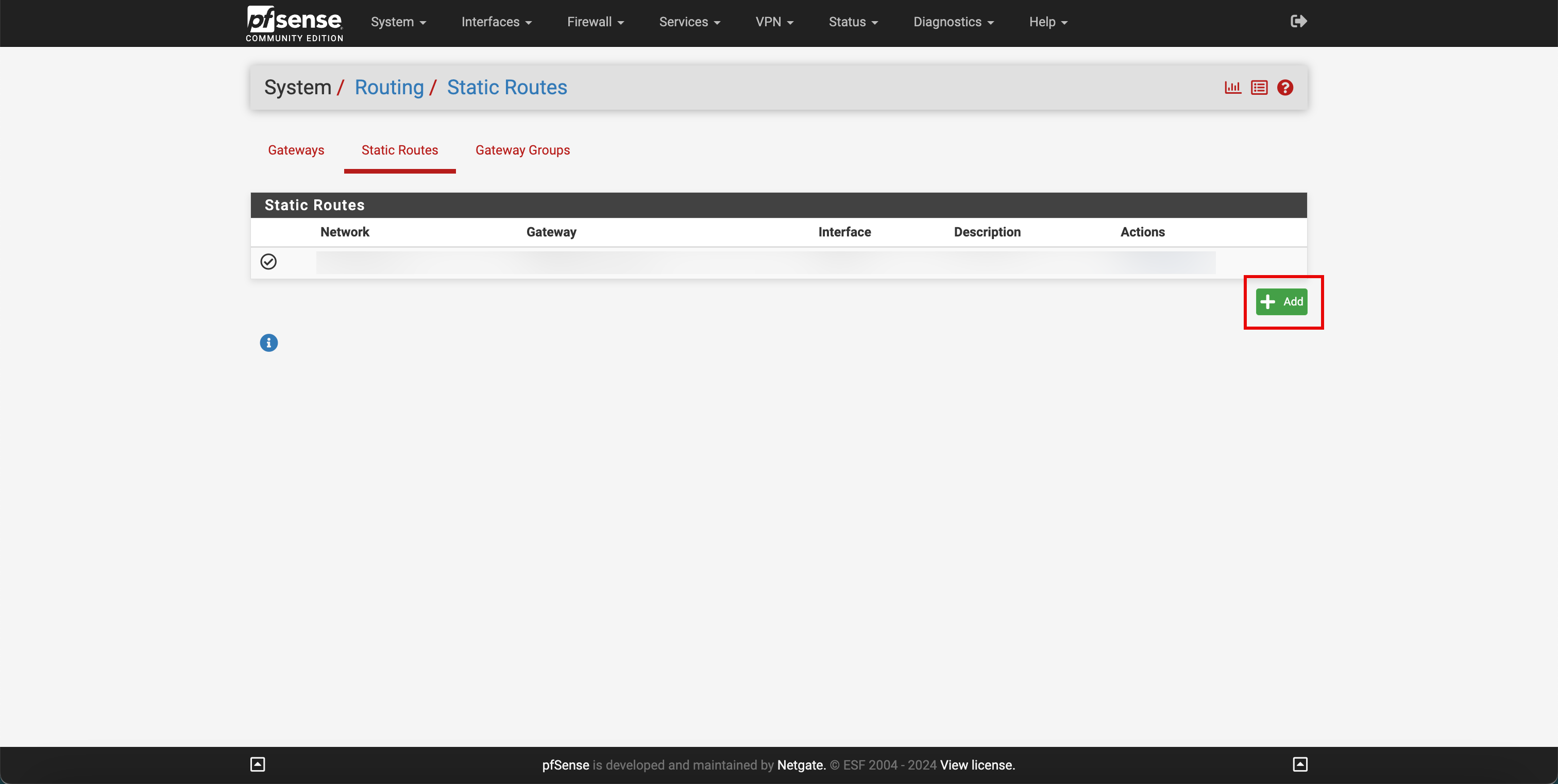

- 「Static Routes」をクリックします。

-

「+追加」をクリックして、新しい静的ルートを追加します。

- OCIネットワークの「宛先ネットワーク」を選択します。

- OCIネットワークの「宛先サブネット」を選択します。

- 上で作成したゲートウェイを選択します。

- 「保存」をクリックします。

-

他のpfSenseインスタンスを使用してOCIネットワークを宛先とするトラフィックをルーティングする新しい静的ルートが追加されています。

タスク7: 接続の確認

VPNを構成し、正しいファイアウォール・ルールを追加し、ルーティングを構成して、接続をテストしました。

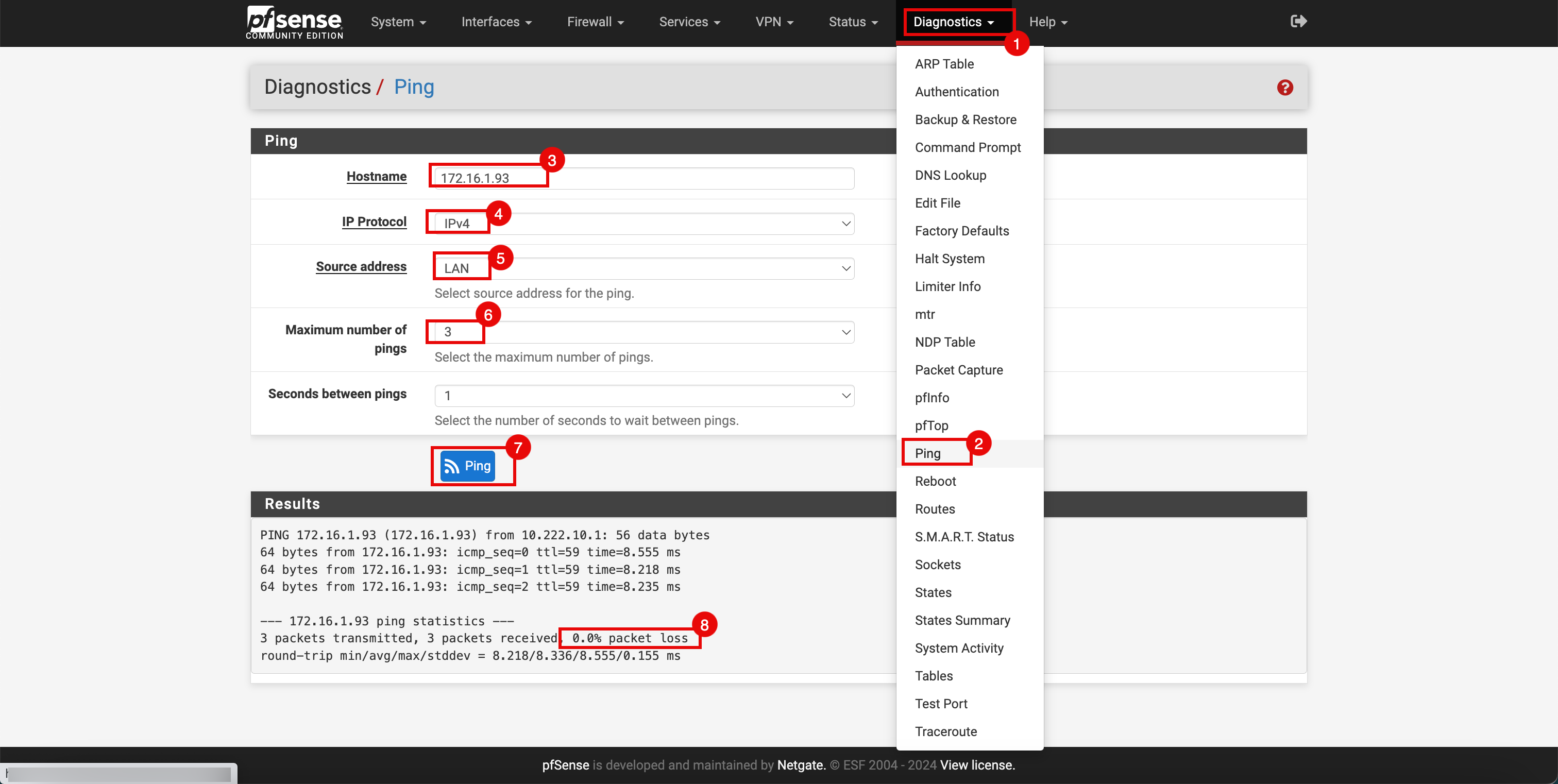

タスク7.1: オンプレミスからスポークVCN AへのPing

-

ルーティング構成のため:

- トラフィックは(オンプレミス) pfSense VPNインスタンスに送信されます。

- トラフィックは、IPSec VPNトンネルを介してDRGに送信されます。

- DRGは、トラフィックをOCI pfSenseファイアウォールにルーティングします。

- OCI pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはSpokeインスタンスにルーティングされます。

-

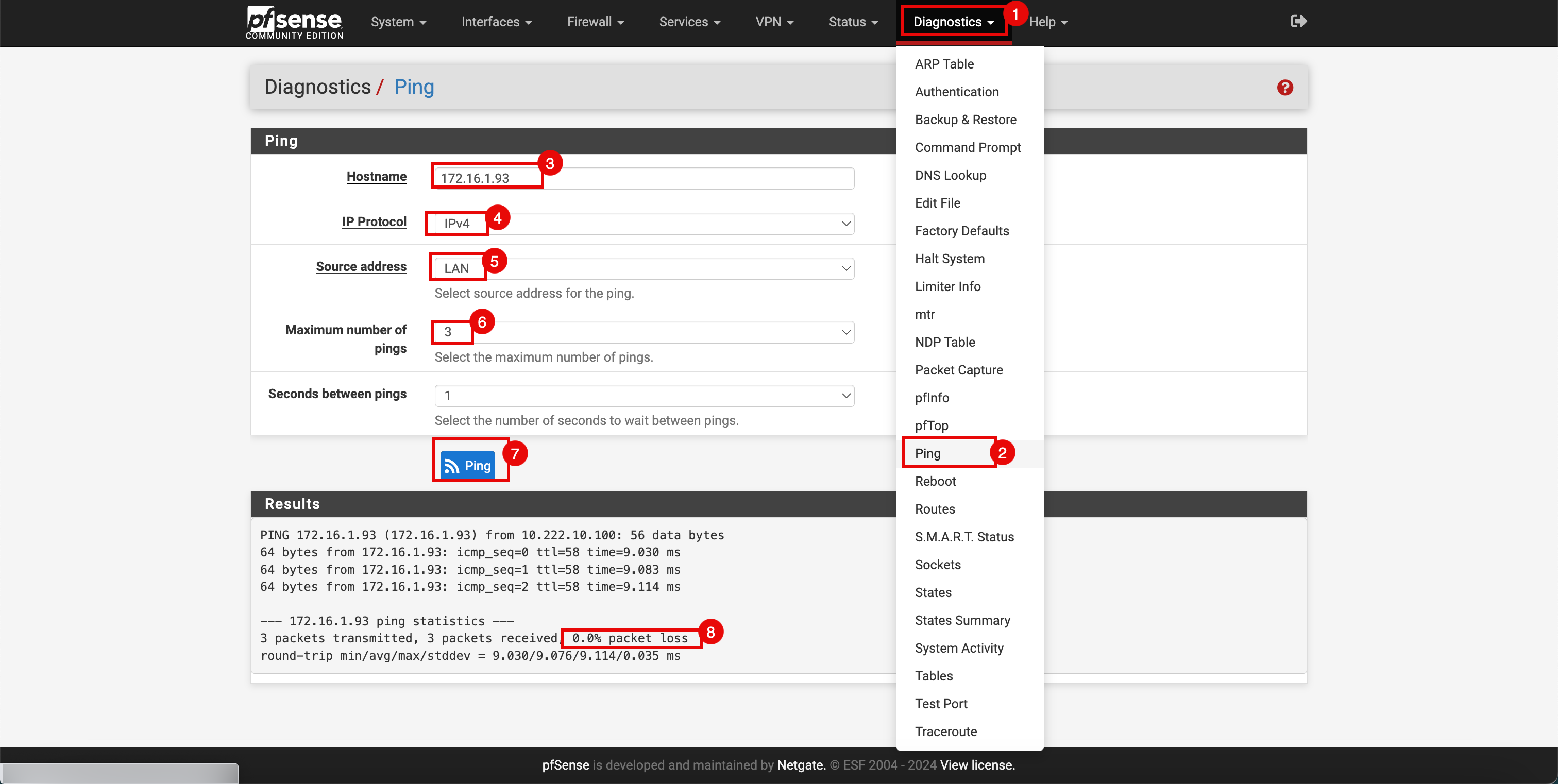

VPN pfSenseオンプレミス・インスタンスからpingテストを実行します。

- 「Diagnostics」ドロップダウンメニューをクリックします。

- 「Ping」をクリックします。

- スポークVCN AインスタンスのIPアドレスであるホスト名を入力します。

- 「IPプロトコル」で、

IPv4を選択します。 - 「ソース・アドレス」で、

LANインタフェースを選択します。 - 「pingの最大数」で、

3を選択します。 - 「Ping」をクリックします。

- 0%パケット損失があることに注意してください。

-

他のpfSenseインスタンス(クライアント)からテストを実行することもできます。クライアントのpfSenseオンプレミス・インスタンスからpingテストを実行します。

- 「Diagnostics」ドロップダウンメニューをクリックします。

- 「Ping」をクリックします。

- スポークVCN AインスタンスのIPアドレスであるホスト名を入力します。

- 「IPプロトコル」で、

IPv4を選択します。 - 「ソース・アドレス」で、

LANインタフェースを選択します。 - 「pingの最大数」で、

3を選択します。 - 「Ping」をクリックします。

- 0%パケット損失があることに注意してください。

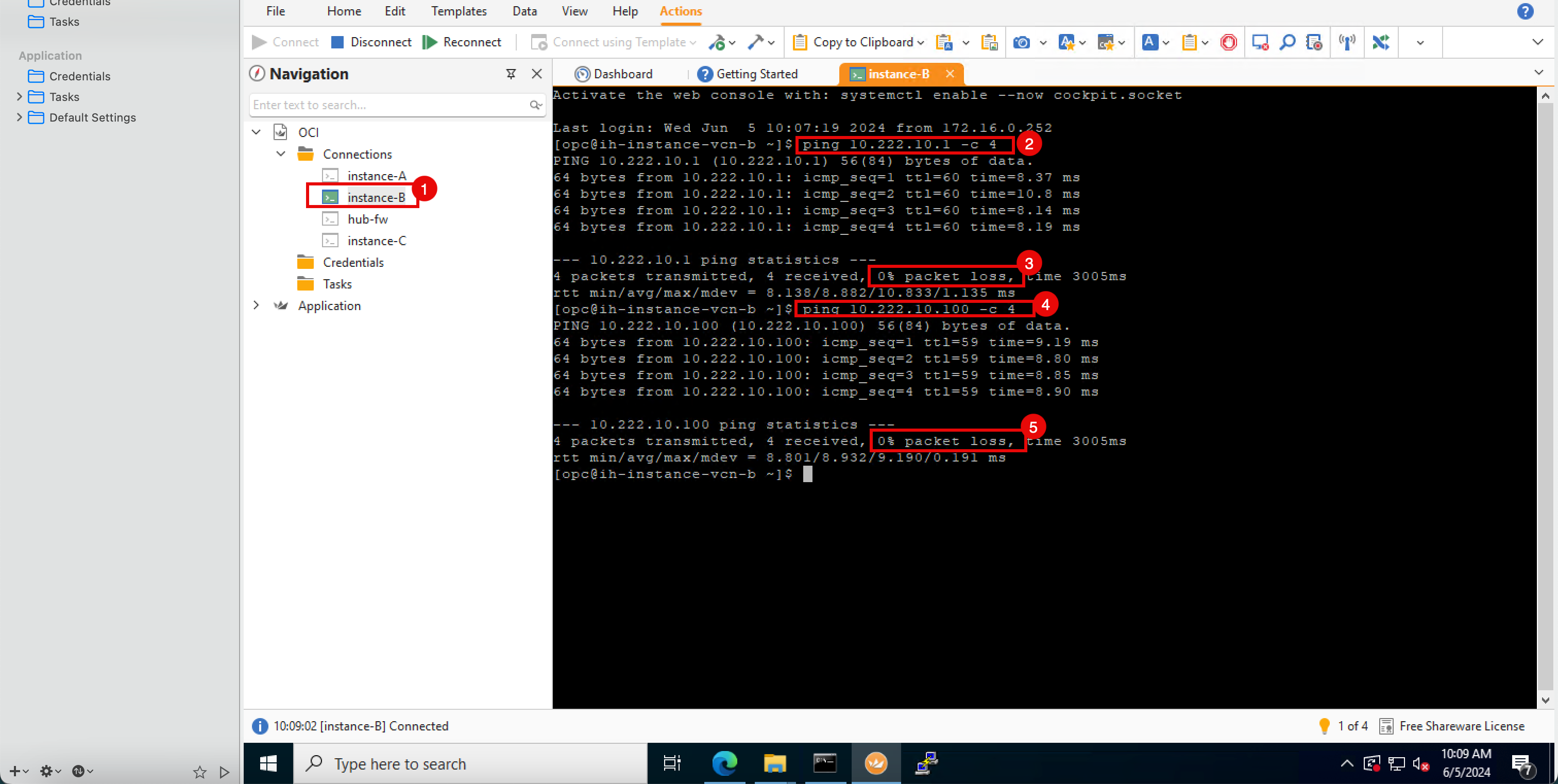

タスク7.2: スポークVCN BからオンプレミスへのPing

-

ルーティング構成のため:

- トラフィックがDRGに送信されます。

- DRGは、トラフィックをOCI pfSenseファイアウォールにルーティングします。

- OCI pfSenseファイアウォールは、構成されたファイアウォール・ルールに基づいてトラフィックを許可または拒否します。

- ICMPトラフィックが受け入れられると、トラフィックはDRGにルーティングされます。

- トラフィックは、IPSec VPNトンネルを介してオンプレミスのpfSenseインスタンスに送信されます。

- スポークB VCNインスタンスに接続します。

- オンプレミスのpfSense VPNインスタンス(

10.222.10.1)のLAN IPアドレスにpingを実行します。 - パケット損失が0%であるため、pingは成功します。

- オンプレミスのpfSenseクライアント・インスタンス(

10.222.10.100)のLAN IPアドレスにpingを実行します。 - パケット損失が0%であるため、pingは成功します。

タスク7.3: OCIでのIPSec VPNネットワーク統計の確認

-

OCIコンソールに移動します。

- 左上隅のハンバーガー・メニュー(≡)をクリックします。

- 「ネットワーキング」をクリックします。

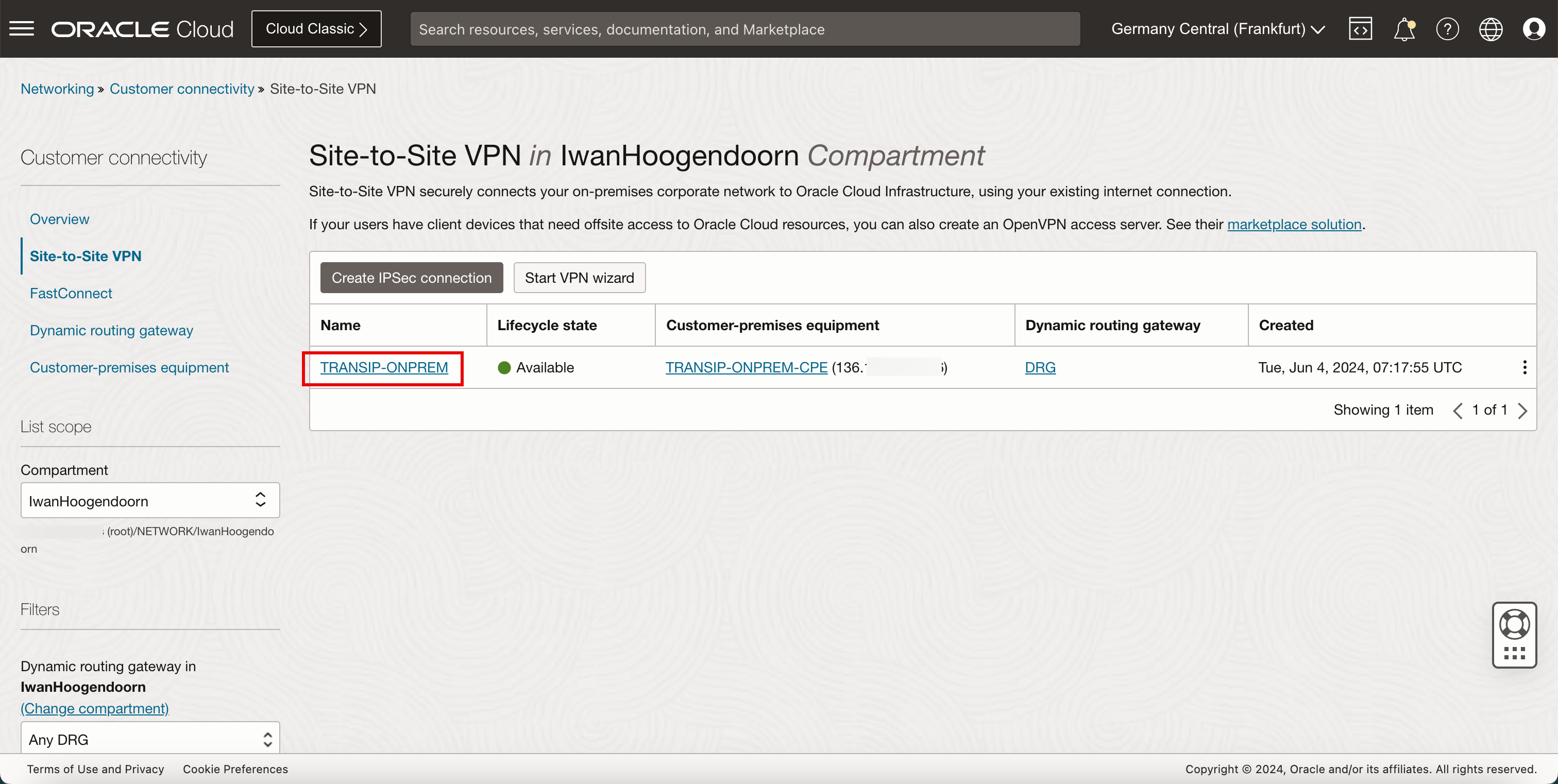

- 「サイト間VPN」をクリックします。

-

VPNをクリックします。

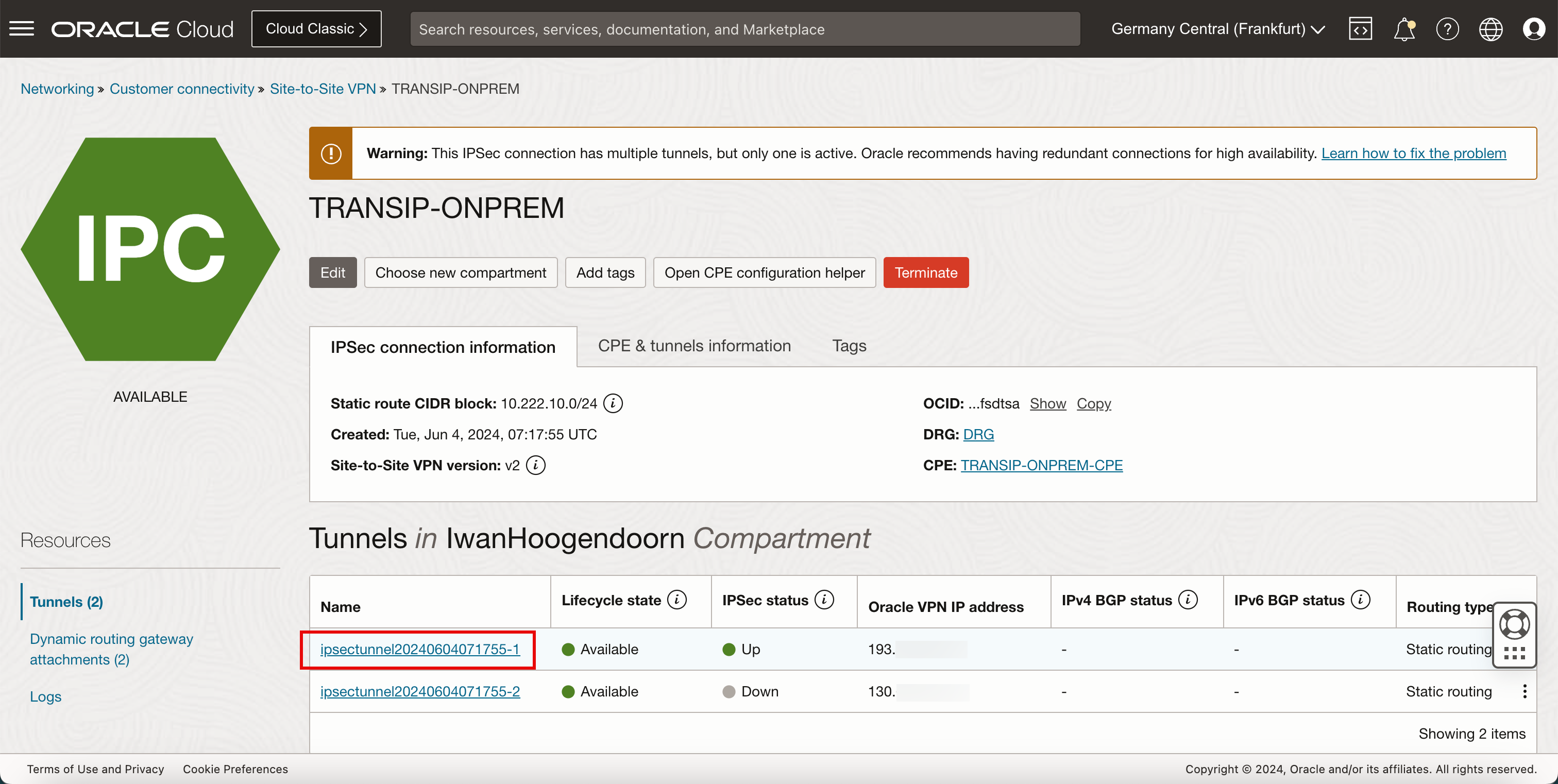

-

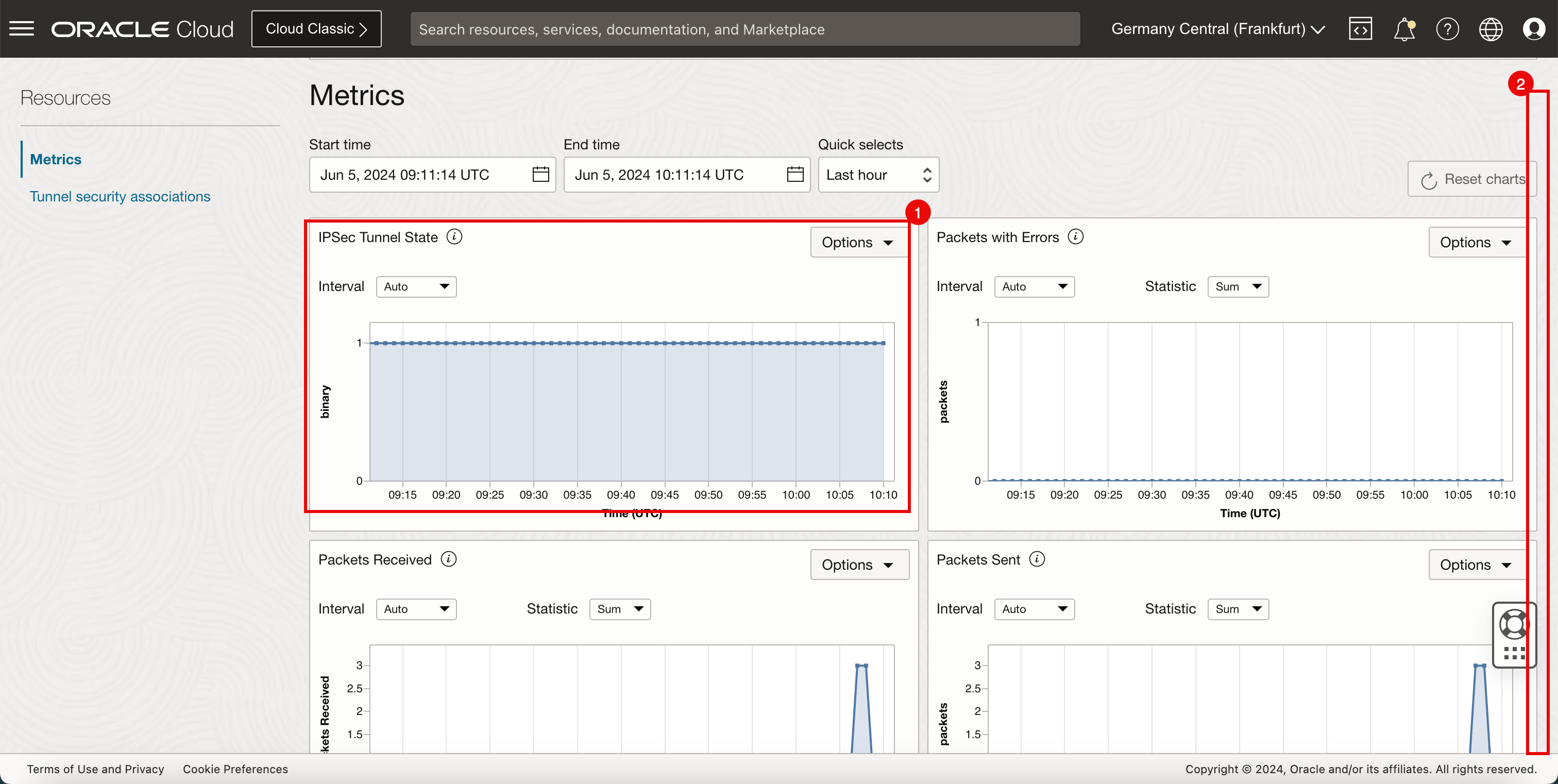

最初のトンネルをクリックします。

- トンネルの状態では、バイナリ状態の定数

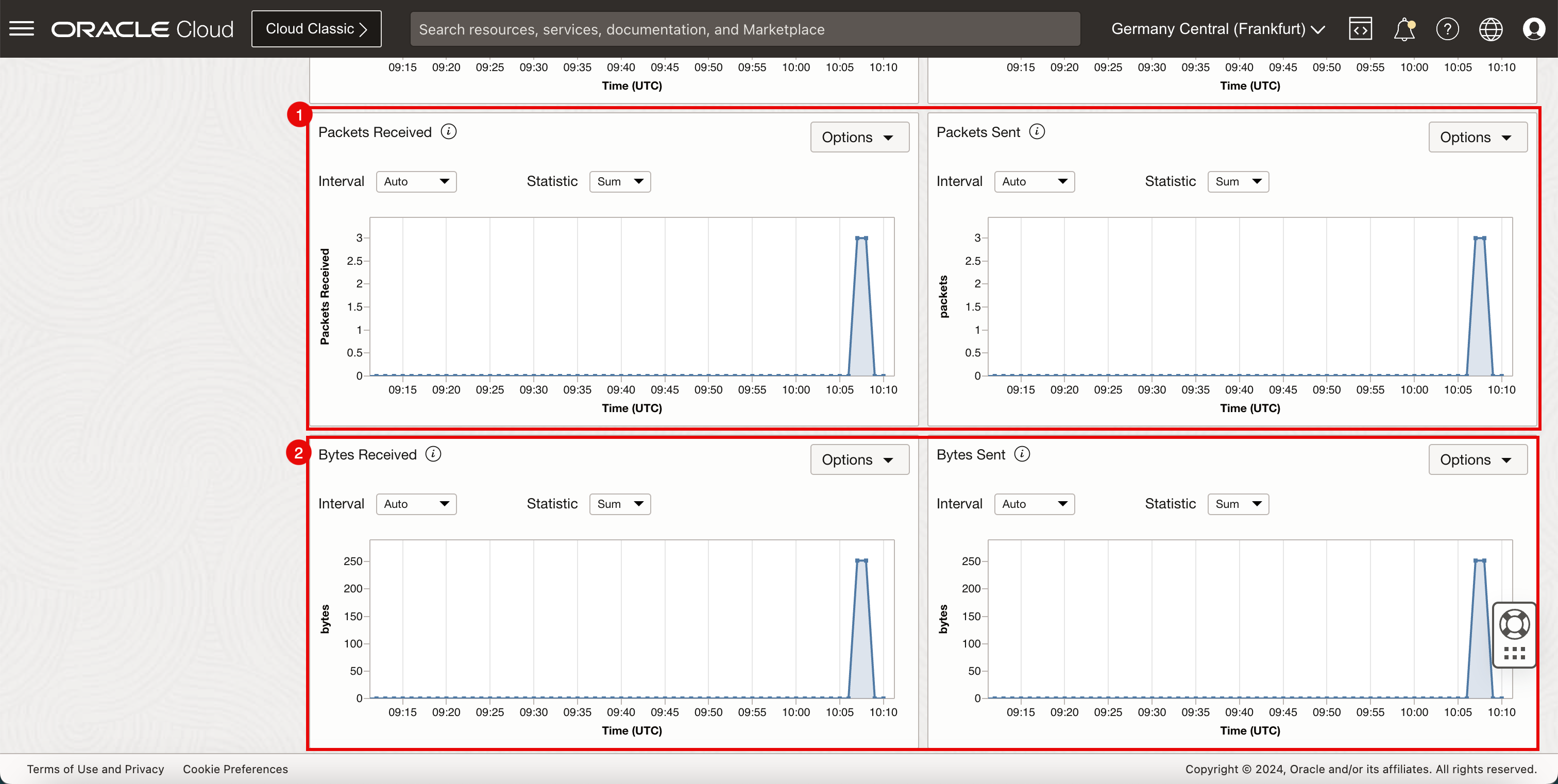

1が表示され、トンネルが常に稼働していることが示されます。 - 下へスクロール

- 「受信パケット数」および「送信パケット数」のグラフがピークになっていることに注意してください。これは、タスク7.1で行ったpingが原因です。

- 「受信パケット数」および「送信パケット数」のグラフがピークになっていることに注意してください。これは、タスク7.2で行ったpingが原因です。

- トンネルの状態では、バイナリ状態の定数

タスク7.4: pfSense VPNインスタンス(オンプレミス)でのIPSec VPNネットワーク統計の確認

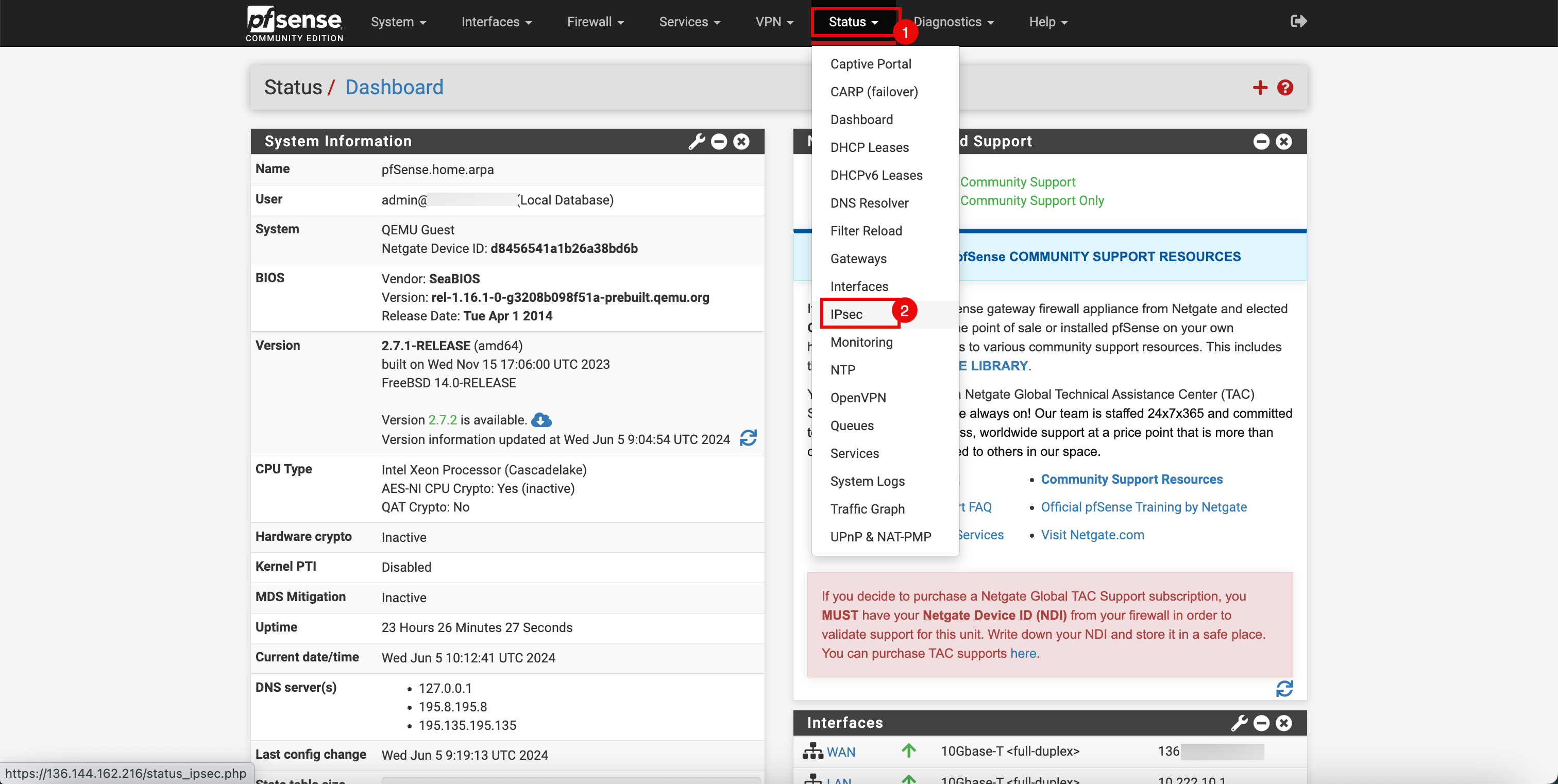

-

PfSenseポータルに移動します。

- 「ステータス」ドロップダウン・メニューをクリックします。

- IPSecをクリックします。

-

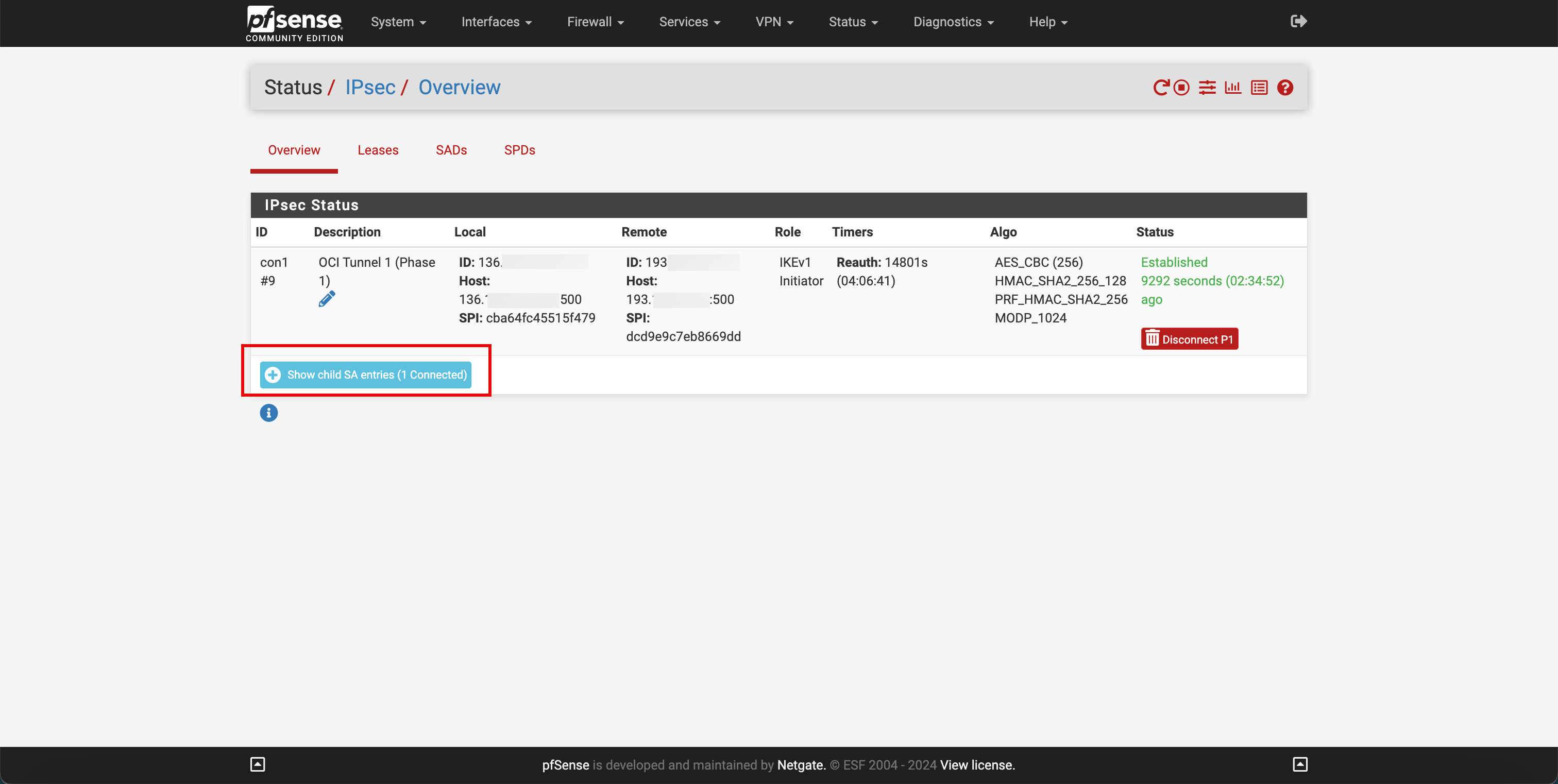

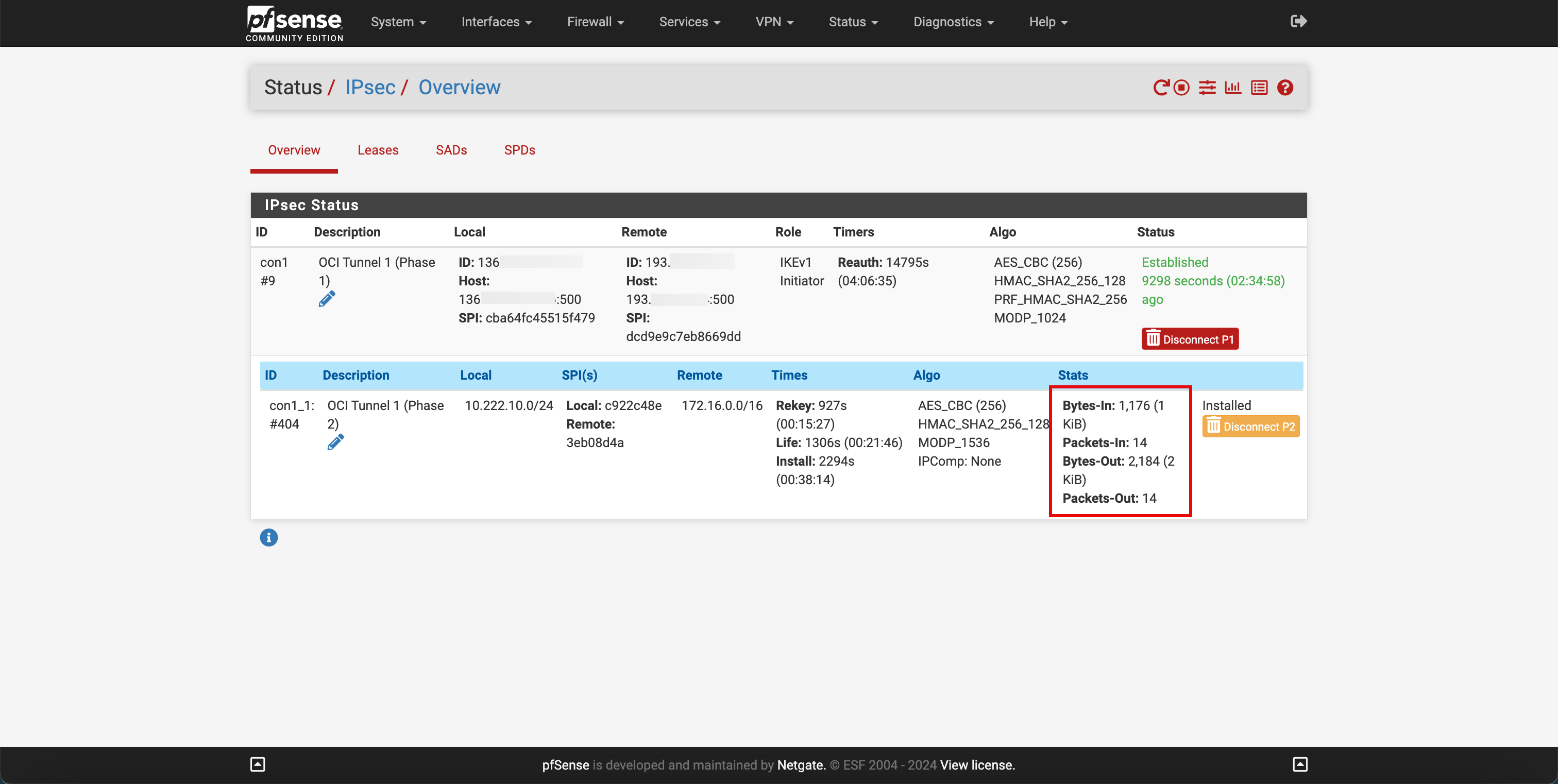

「子SAエントリの表示(1接続)」をクリックします。

-

「Packets」と「Bytes」が入力され、出力されたことを確認します。

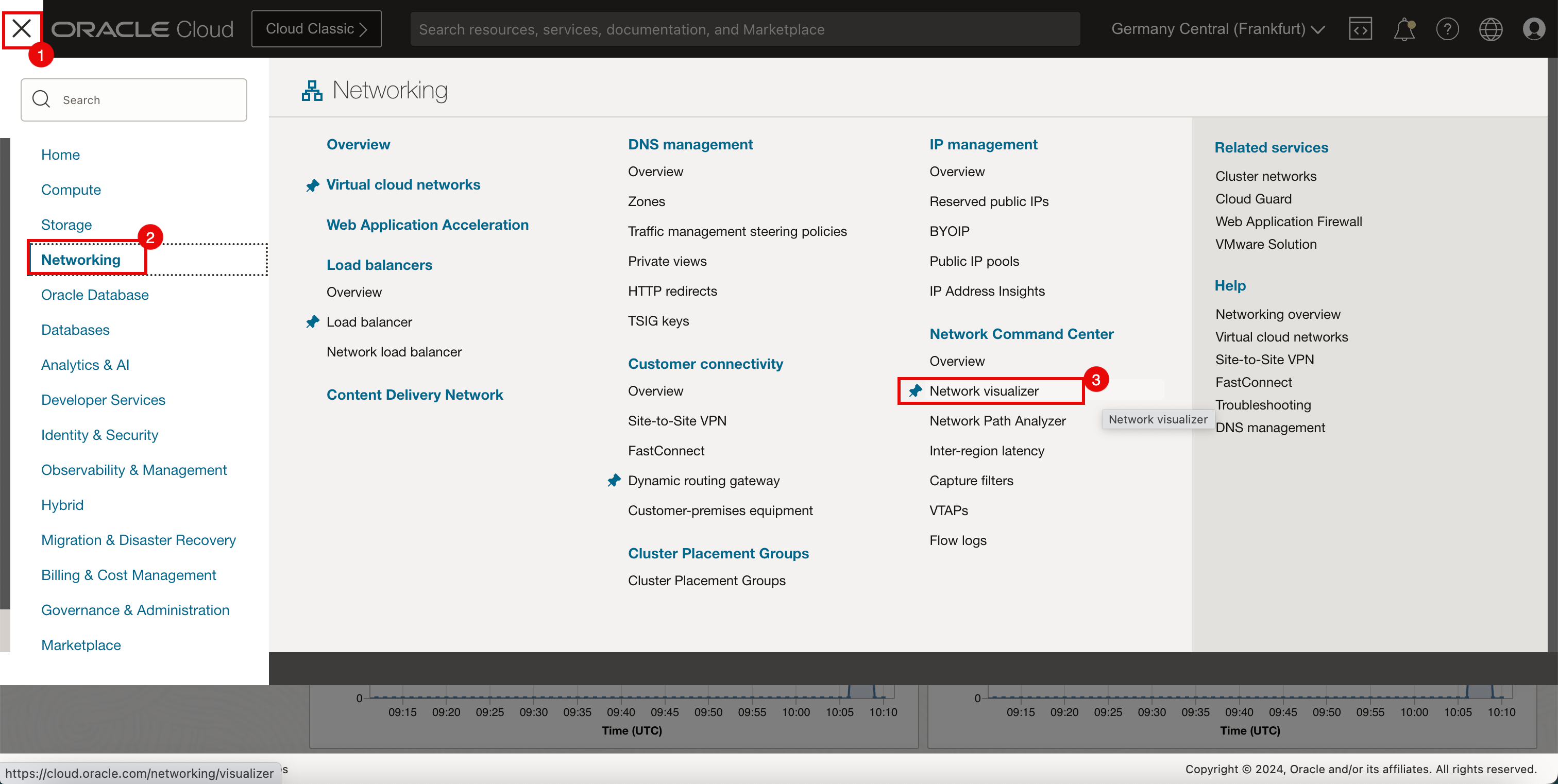

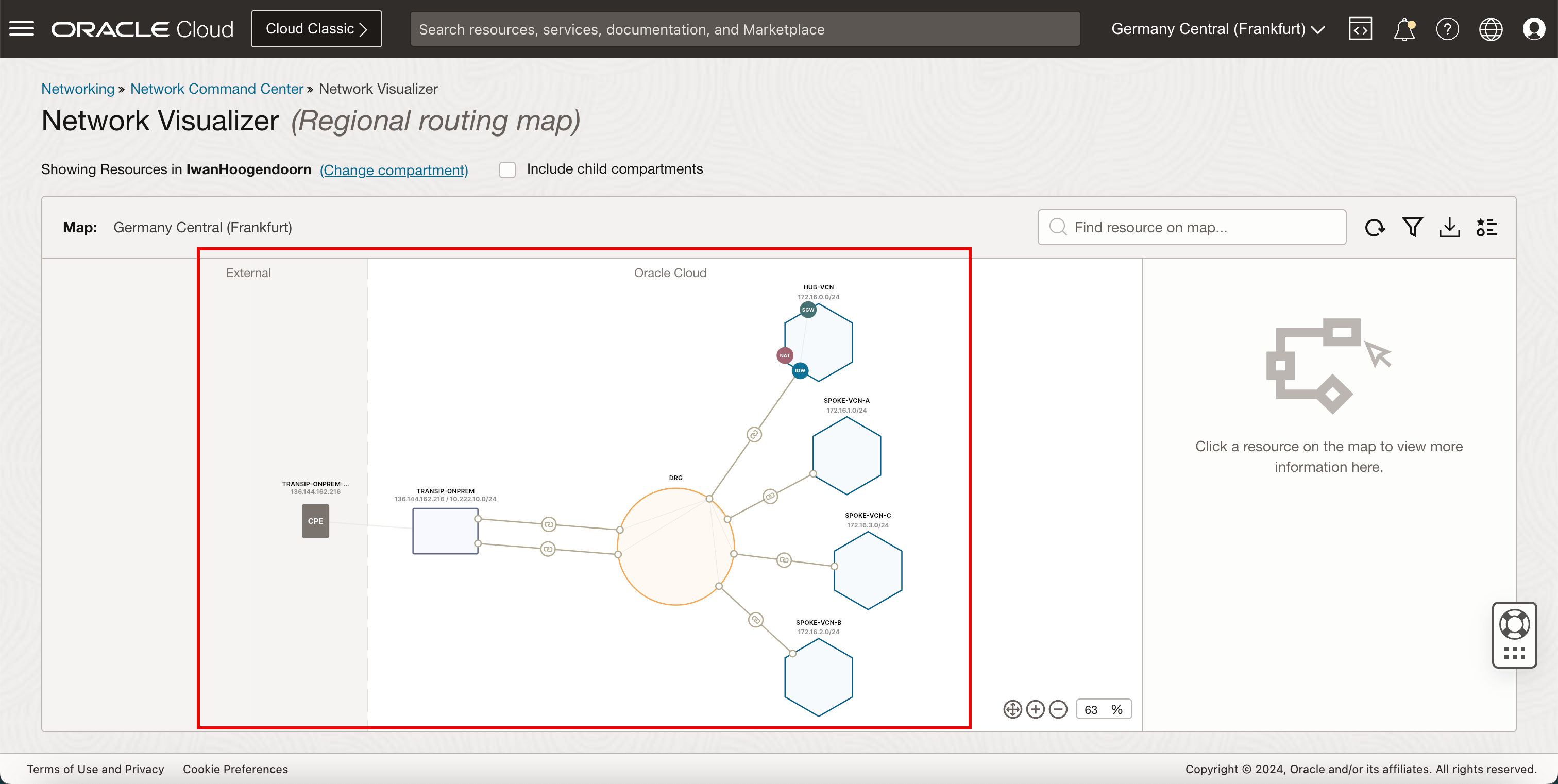

Network Visualizer

VPNを追加したため、OCIコンソールでネットワーク・ビジュアライザを使用してネットワークの概要を取得できます。

-

OCIコンソールに移動します。

- 左上隅のハンバーガー・メニュー(≡)をクリックします。

- 「Network」をクリックします。

- 「ネットワーク・ビジュアライザ」をクリックします。

-

4つのVCN(1つのハブと3つのスポーク)と、VPNに接続されたオンプレミスが表示されます。

承認

- 著者 - Iwan Hoogendoorn (OCIネットワーク・スペシャリスト)

その他の学習リソース

docs.oracle.com/learnの他のラボをご覧いただくか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、education.oracle.com/learning-explorerにアクセスして、Oracle Learning Explorerになります。

製品ドキュメントは、Oracle Help Centerを参照してください。

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10331-01

June 2024