ノート:

- このチュートリアルでは、Oracle Cloudへのアクセスが必要です。無料アカウントにサインアップするには、Oracle Cloud Infrastructure Free Tierの開始を参照してください。

- Oracle Cloud Infrastructureの資格証明、テナンシおよびコンパートメントの値の例を使用します。ラボを完了する際は、これらの値をクラウド環境に固有の値に置き換えてください。

2つのテナントとそのDynamic Routing Gateways間のRPC接続の設定

はじめに

マルチテナントのOracle Cloud Infrastructure(OCI)環境では、ハイブリッド・ネットワーク・アーキテクチャと分散ネットワーク・アーキテクチャにとって、異なるテナント間のセキュアで効率的な通信を実現することが重要です。これを実現する1つの方法は、2つのテナントとそれに対応するDynamic Routing Gateways (DRG)の間にリモート・ピアリング接続(RPC)を設定することです。

目的

- 別々のOCIテナントで2つのDRG間にRPCを構成し、ネットワーク間のシームレスな接続を実現します。最終的には、テナント間のセキュアなトラフィック・フローを可能にするRPC設定が機能し、OCIでの堅牢なマルチテナント・アーキテクチャの構築を支援します。

前提条件

-

2つのOCIテナントへのアクセス:ネットワーキング・コンポーネントを構成するには、両方のOCIテナントで管理者または適切な権限が必要です。

-

両方のテナントのDRG:各テナントには、DRGがすでに作成され、Virtual Cloud Network (VCN)にアタッチされている必要があります。

-

リージョンの互換性: DRGは、RPCをサポートするOCI商用リージョンと同じか異なるリージョンにある必要があります。クロスリージョンRPCはサポートされていますが、両方のリージョンにアクセスできる必要があります。リクエスタを「Acceptor(アクセプタ)」リージョンにサブスクライブする必要があります。

-

パブリック接続またはプライベート接続:プライベートIPを介した通信を許可するかどうかを決定し、競合を回避するために適切なサブネットCIDRブロックが計画されていることを確認します。

-

VCNs and Routing Configuration: The VCNs in both tenants should have properly configured route tables and security lists to allow traffic over the RPC.

-

クロステナント・ピアリングのポリシー: Oracle Cloud Infrastructure Identity and Access Management (OCI IAM)ポリシーが適用されていることを確認し、異なるOCIテナント間でのDRGピアリングを可能にします。信頼を確立するために、両方のテナントのポリシーを定義する必要がある場合があります。

タスク1: リクエスタおよびアクセプタ・テナントの決定

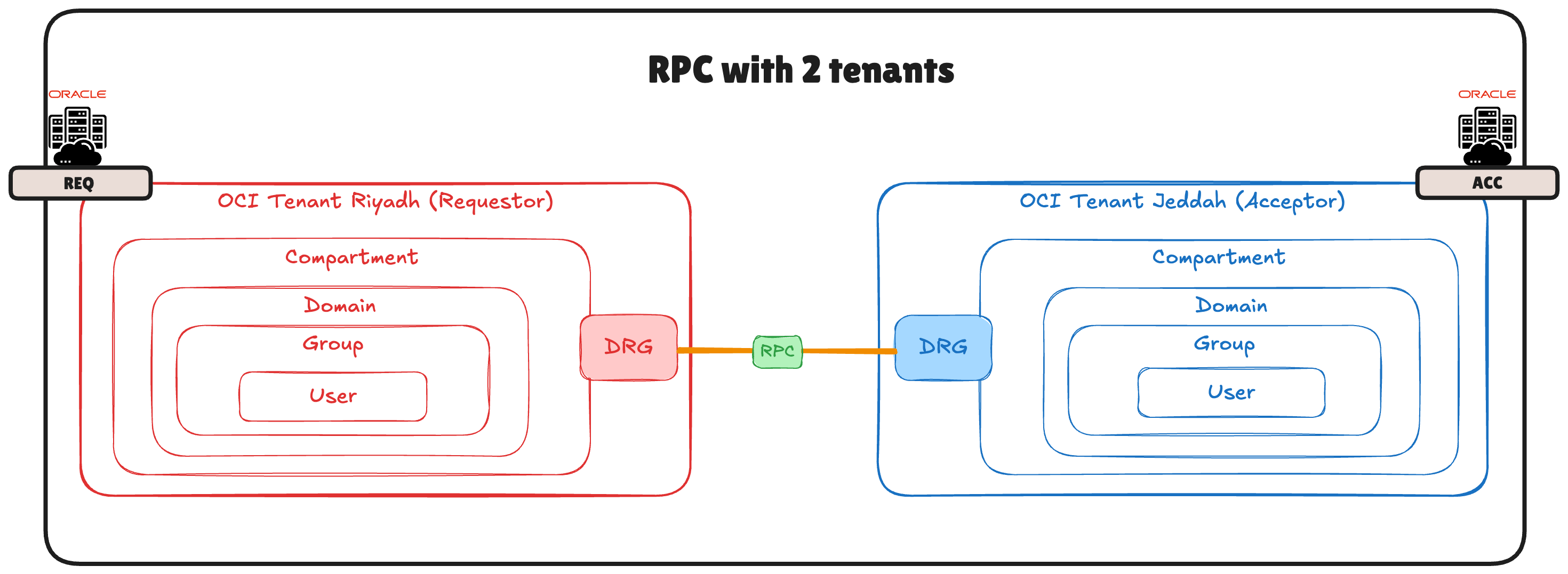

Oracle Cloud Infrastructure(OCI)では、クラウド間通信またはリソース共有を設定する際に、OCI IAMポリシーの観点から、どのテナントがリクエスタであり、どのテナントがアクセプタであるかを定義することが重要です。これらのロールは、ユーザー、グループおよびコンパートメントの権限を定義するOCI IAMポリシーによって管理されます。

OCI IAMポリシー内でリクエスタ・ロールとアクセプタ・ロールを明確に定義することで、OCIテナントとコンパートメント全体のリソースへのセキュアで制御されたアクセスを許可する権限が正しく設定されていることを確認します。両方のテナントが連携して、適切な権限が付与され、セキュリティのベスト・プラクティスに準拠した方法でOCI IAMポリシーが設定されるようにする必要があります。

-

リクエスタ・テナント:リクエスタは、別のOCIテナントまたはコンパートメントからリソースにアクセスするリクエストを開始するOCIテナント(またはテナント内の特定のコンパートメント)です。リクエスタのOCI IAMポリシーは、アクセプタのリソースにアクセスするために必要な権限を付与する必要があります。たとえば、リクエスタが、アクセプタ・テナントのリソースにユーザーがアクセスできるようにするポリシーを作成する必要がある場合があります。

リクエスタは、リクエストを行うユーザーまたはグループに適切なOCI IAMロールが割り当てられていることも確認する必要があります。

-

アクセプタ・テナント:アクセプタは、アクセス・リクエストを受信し、必要な権限をリクエスト者に付与するOCIテナント(またはコンパートメント)です。アクセプタのOCI IAMポリシーでは、リクエスタが実行できるアクションおよびアクセス可能なリソースを定義する必要があります。アクセプタのポリシーでは、このようなリクエストを受け入れることができるユーザーまたはグループも指定し、アクセスが安全に管理されるようにする必要があります。

アクセプタは、アクセス権の付与に加えて、OCI IAMポリシーを構成して、リクエスト元が何を認可するかを指定し、適切な範囲および最小権限の原則に従うようにする必要があります。

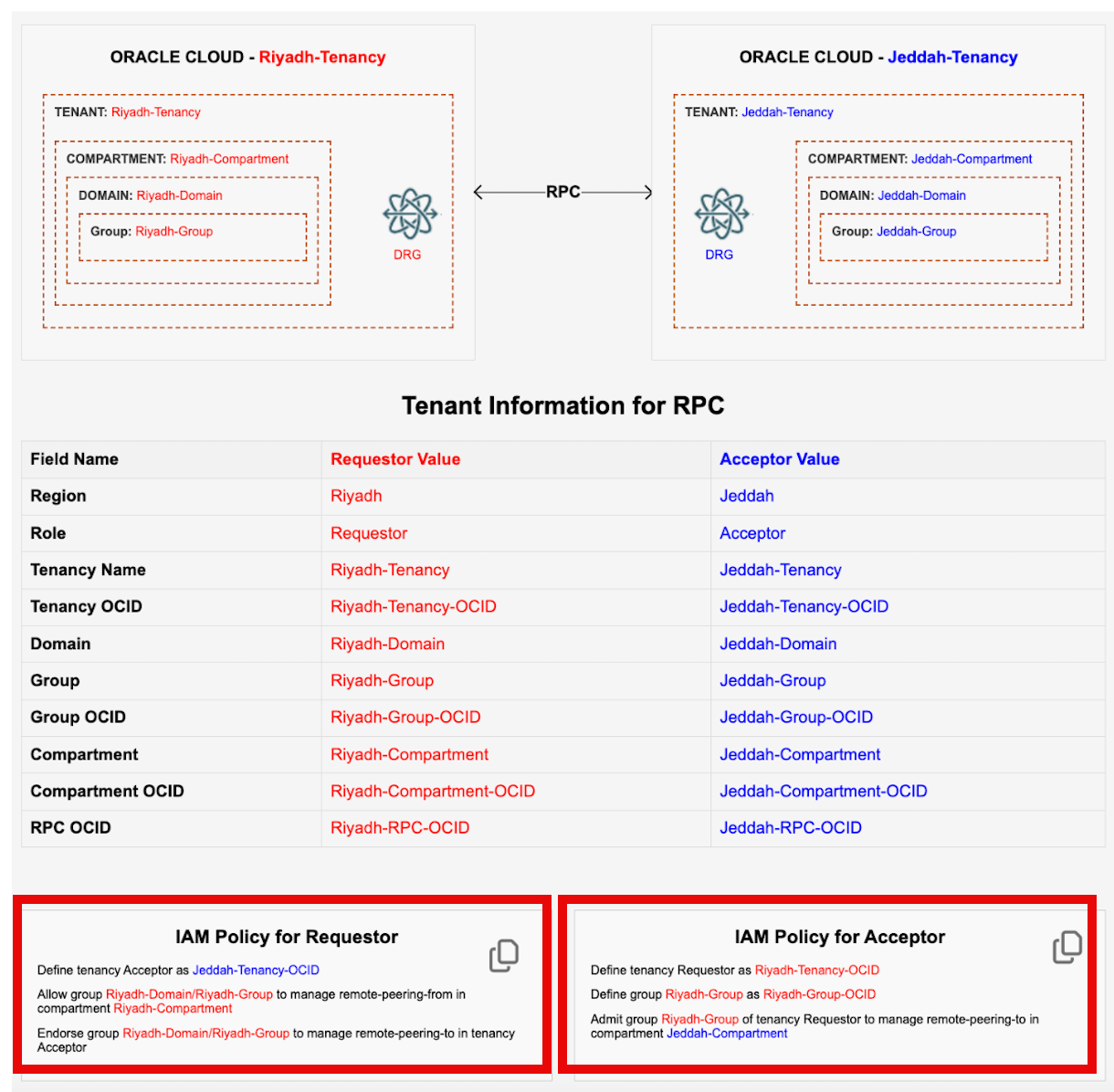

次の図は、RPCと相互に接続された2つのテナントの例を示しています。そのうちの1つがリクエスタ(REQ)として定義され、もう1つがアクセプタ(ACC)です。

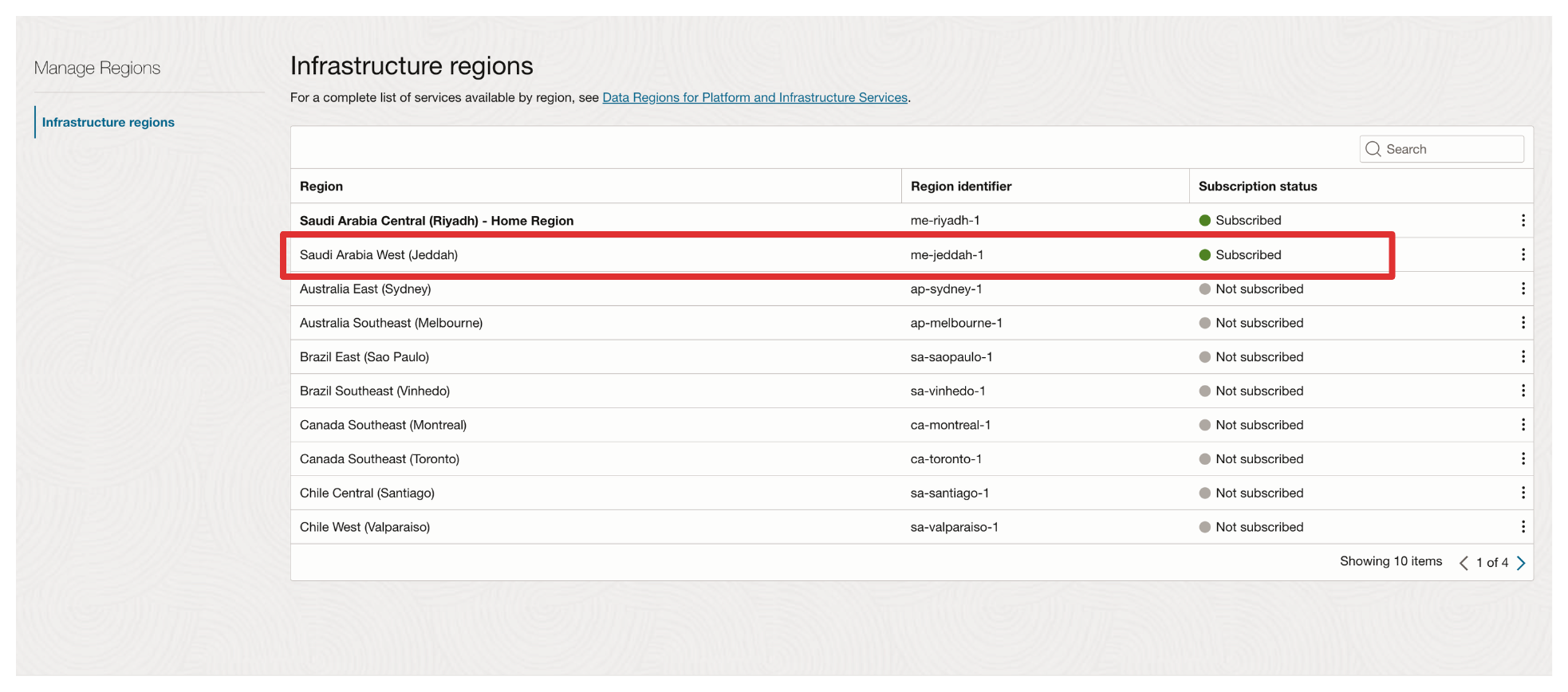

タスク2: 「リクエスタ」リージョンへの「アクセプタ」リージョンのサブスクライブ

2つのOCIテナント間にRPCを設定する場合、リクエスタをアクセプタ・テナント・リージョンにサブスクライブする必要がありますが、アクセプタをリクエスタ・リージョンにサブスクライブする必要はありません。その理由は次のとおりです。

リクエスタをアクセプタ・テナントにサブスクライブする必要がある理由:

-

通信の開始:リクエスタ・テナントは、アクセプタ・テナントにリクエストを送信してRPCを開始するエンティティです。この通信を可能にするには、リクエスタをアクセプタにサブスクライブする必要があります。これにより、アクセプタのネットワークとサービスを認識して接続できます。

-

信頼と接続の確立:リクエスタ・テナントをサブスクライブすることで、リクエスタ・テナントは、アクセプタの環境と対話するために必要な信頼と接続を確立します。サブスクリプションにより、リクエスタはピアリング接続を介してアクセプタのサービスにトラフィックおよびリクエストを適切にルーティングできます。

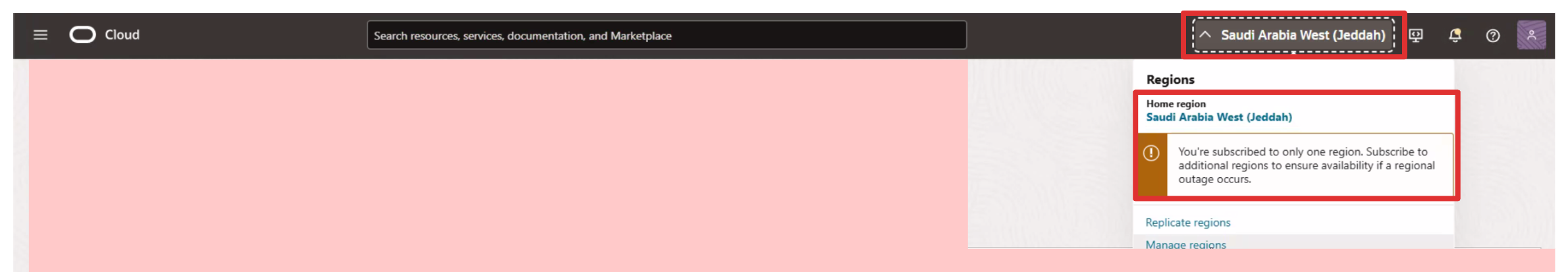

アクセプタをリクエスタ・テナントにサブスクライブする必要がない理由:

-

アクセプタのパッシブ・ロール:アクセプタ・テナントは、リクエスタ・テナントからのリクエストのみを受信し、通信は開始しません。Acceptorはリクエスタによって行われたリクエストにのみ応答するため、リクエスタにサブスクライブする必要はありません。単に、着信リクエストを処理するためにアクセスして構成する必要があります。

-

一方向通信: RPCは通常、リクエスタがイニシエータである一方向通信フローで設定されます。Acceptorは、送信接続を開始または管理する必要がないため、Requestorテナントへのサブスクリプションを必要としません。

要約すると、リクエスタはアクセプタをサブスクライブして、RPCを開始して接続を確立する必要がありますが、アクセプタはリクエストに応答するように構成するだけで、リクエスタ・テナントへのサブスクリプションは必要ありません。

次のイメージに、リクエスタOCIコンソールの例を示します。「Requestor」が「Acceptors」リージョンにサブスクライブされていることを確認します。

次のイメージに、Acceptors OCIコンソールの例を示します。「Acceptors(アクセプタ)」が「Requestors(リクエスタ)」リージョンにサブスクライブされていないことを確認します。

タスク3: 必要なパラメータの収集

リクエスタ側とアクセプタ側のOCI IAMポリシーを作成するために必要なパラメータを収集します。OCIでリモート・プロシージャ・コール・アクセスを設定する際のアクセプタ・テナントとリクエスタ・テナントの両方のOCI IAMポリシーで必要なフィールドを示す表を次に示します:

| 情報必須 | 要求者テナント | 受入れ者テナント |

|---|---|---|

| テナンシOCID | X | X |

| グループの名前 | X | |

| グループOCID | X | |

| コンパートメント名 | X | X |

OCI IAMポリシーを作成する前に、この情報が両側から収集されていることを確認してください。

タスク4: リクエスタ側およびアクセプタ側でのOCI IAMポリシーの作成および構成

RPCを機能させるための公式のOCI IAMポリシー・ドキュメントは、アップグレードされたDRGを使用したリモート・ピアリングにあります。

ポリシーを確認すると、リクエスタのOCI IAMポリシーで、アクセプタからいくつかの情報が必要であり、アクセプタOCI IAMポリシーではリクエスタからいくつかの情報が必要であることがわかります。これにより、ポリシーの作成が混乱することがあり、ポリシーが正しくない場合、RPCは起動せず、トラブルシューティングは困難になります。

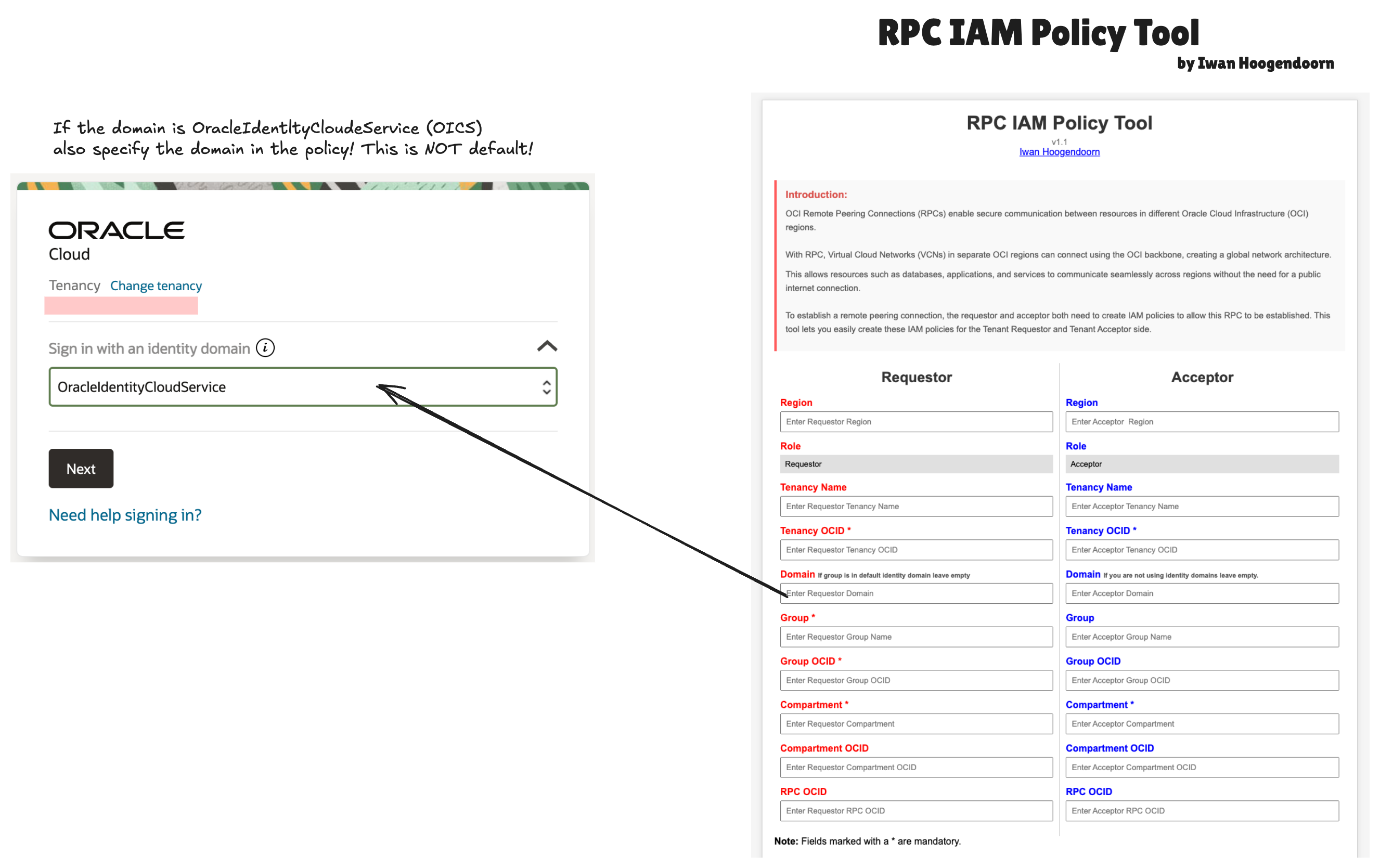

この問題を解決するために、RPC IAMポリシー・ツールを作成しました。使用可能なRPCネットワーク・アーキテクチャはさらにありますが、RPC IAMポリシー・ツールを使用できるのは、各テナントに独自のDRGがある2つの異なるOCIテナント間にRPCを作成しようとする場合のみです。

次のイメージには、必要なすべての詳細を挿入するためのRPC IAMポリシー・ツールが提供するフォームが表示されます。フォームでは、実際に必要な詳細情報が求められますが、アクセプタ側およびリクエスタ側でRPCおよびOCI IAMポリシーの構成を開始する前に、すべての情報を1箇所にまとめておくことをお薦めします。

リクエスタ情報およびパラメータは赤色でマークされ、アクセプタ情報およびパラメータは青色でマークされます。

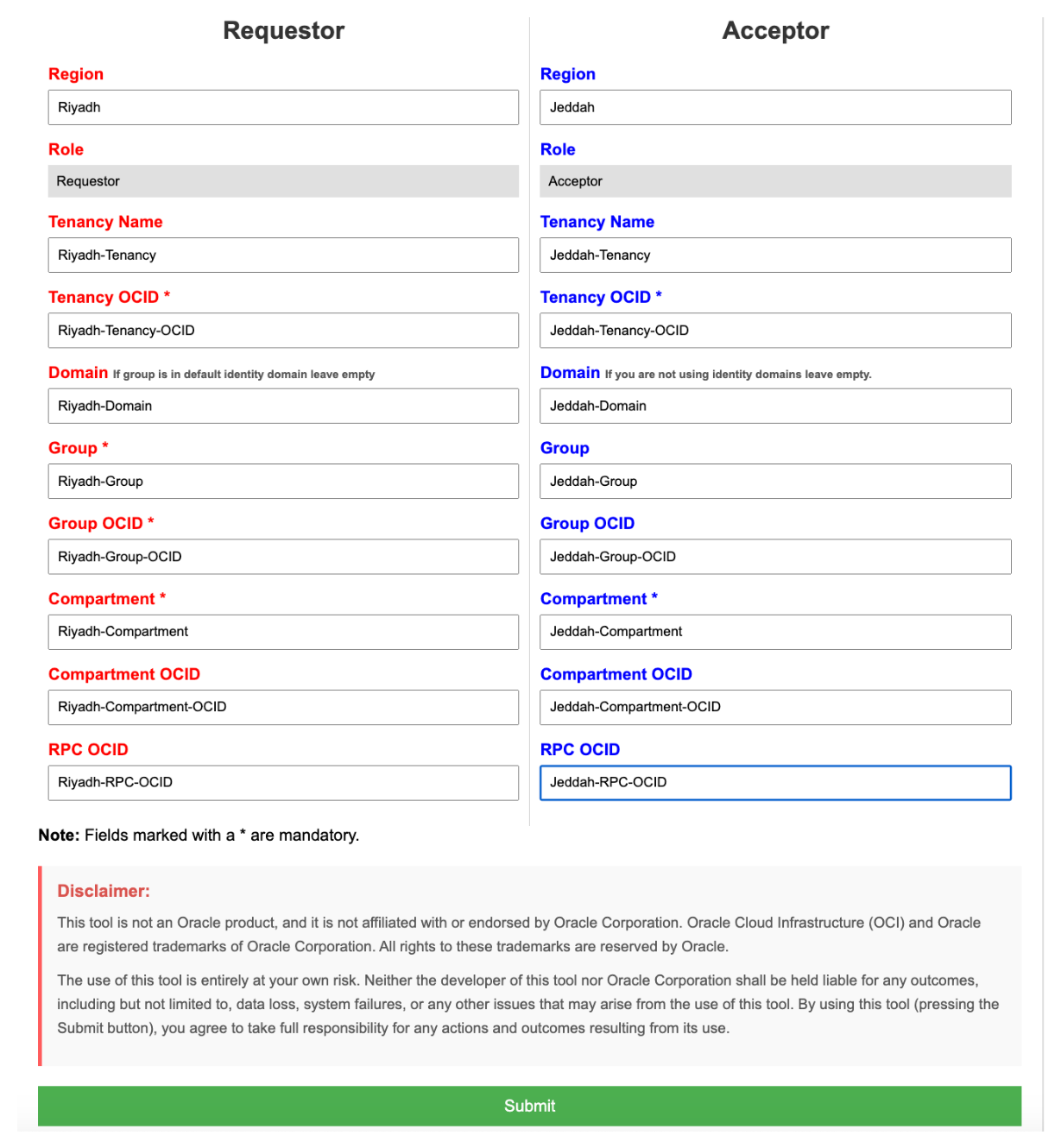

次の図は、入力されたすべての情報の例を示しています。必須フィールドをすべて入力し、「送信」をクリックします。

このツールは、次の情報を生成します。

- 物事をパースペクティブに配置するために使用したパラメータを含む図。

- 使用したすべてのパラメータを含む表(これのスクリーンショットを撮るか、後で参照するためにノートにコピー・ペーストできます)。

- リクエスタのOCI IAMポリシー。

- アクセプタのOCI IAMポリシー。

タスク4.1: リクエスタ側でのOCI IAMポリシーの作成および構成

-

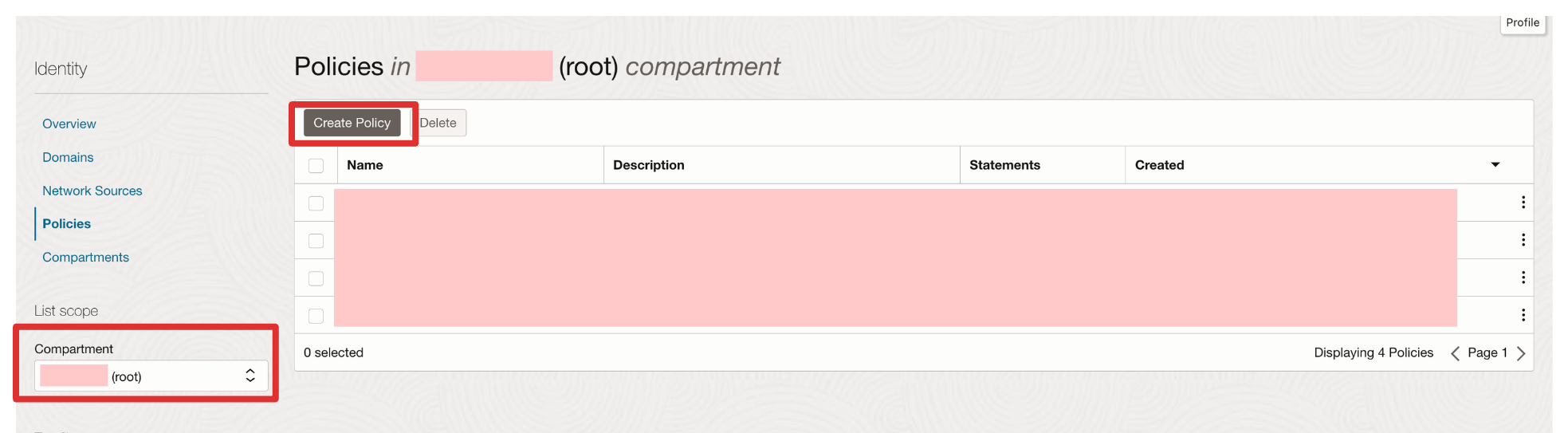

OCIコンソールにログインし、「アイデンティティとセキュリティ」に移動して、「ポリシー」をクリックします。

-

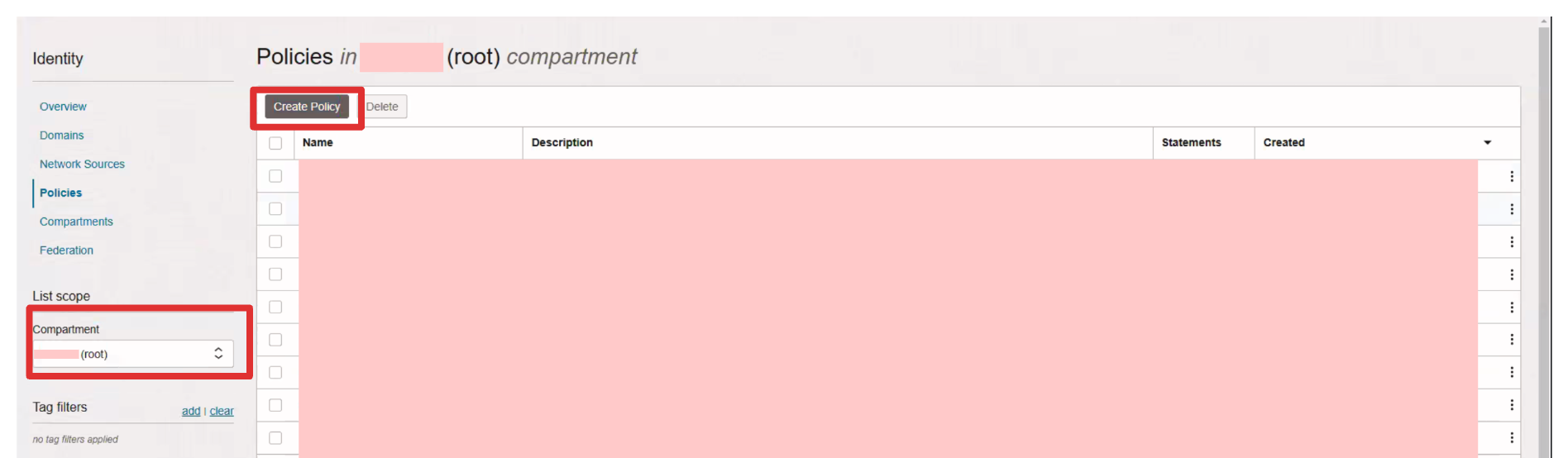

ルート・コンパートメントを選択して「ポリシーの作成」をクリックします。

-

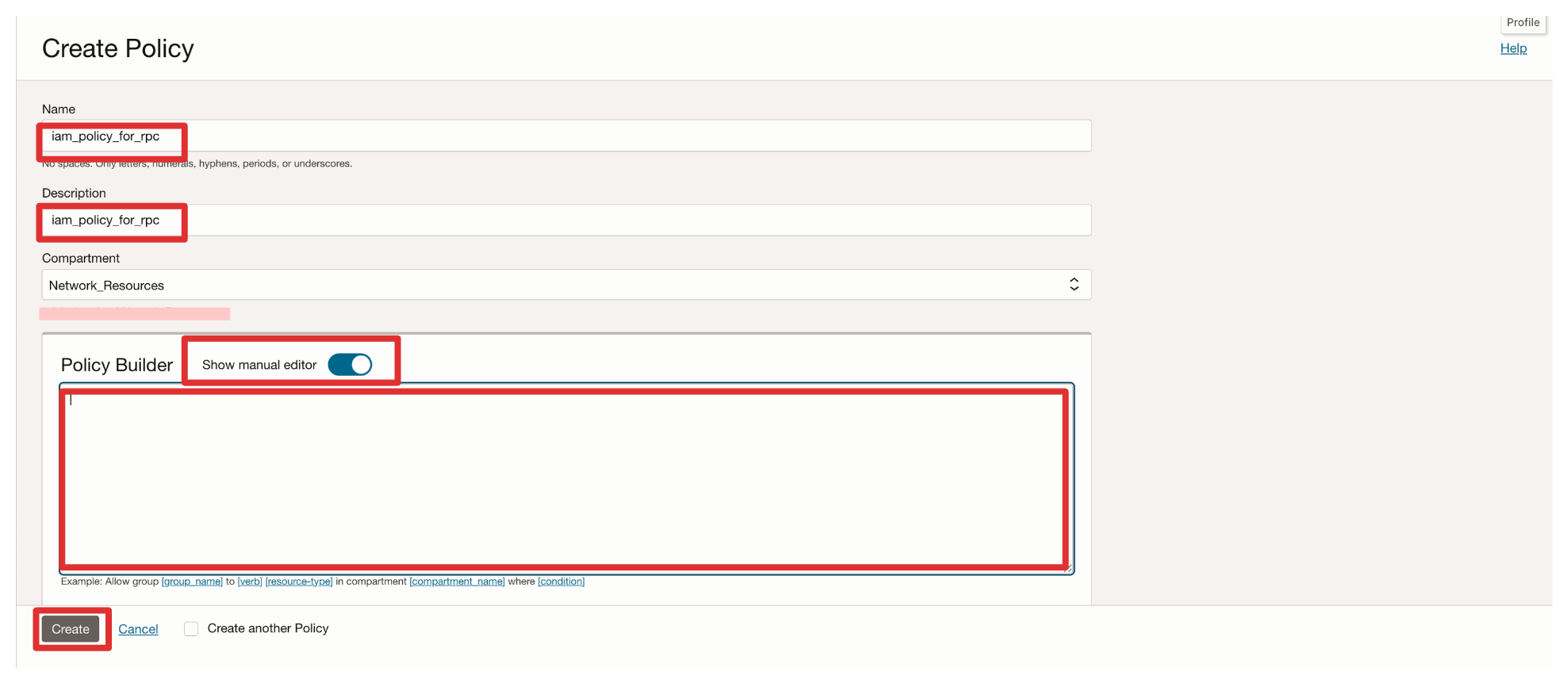

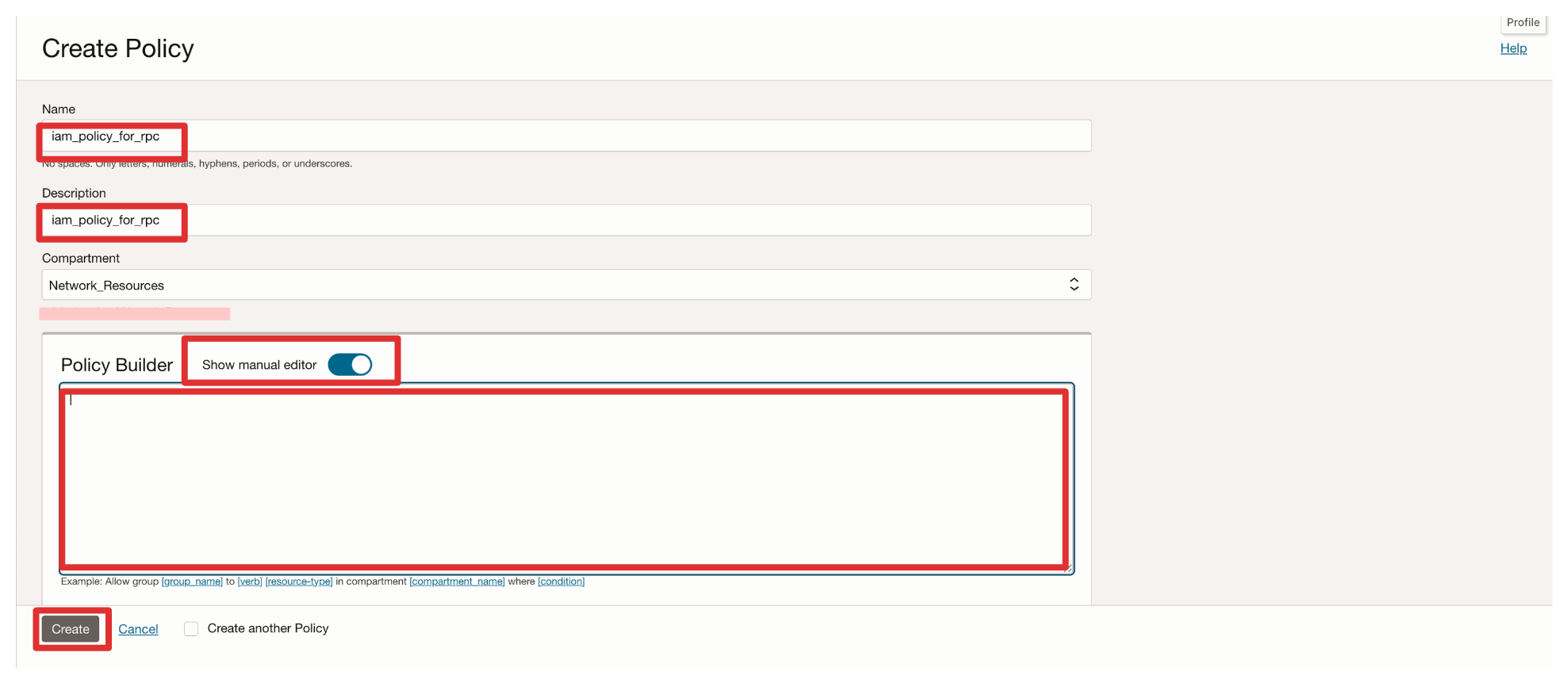

次の情報を入力し、「作成」をクリックします。

- ポリシーの「名前」および「説明」を入力します。

- 「手動エディタの表示」を選択します。

- リクエスタ側のポリシー・ステートメントをポリシーにコピー/ペーストします。

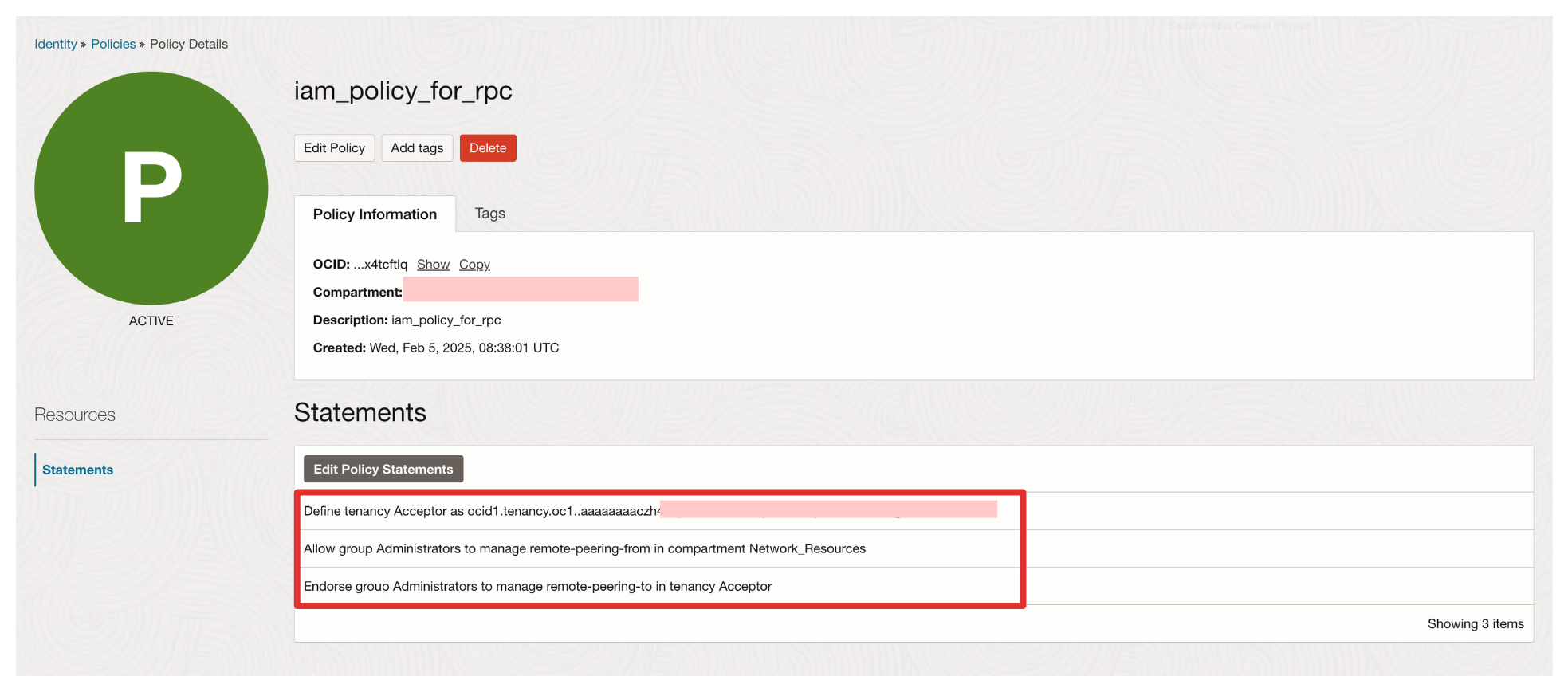

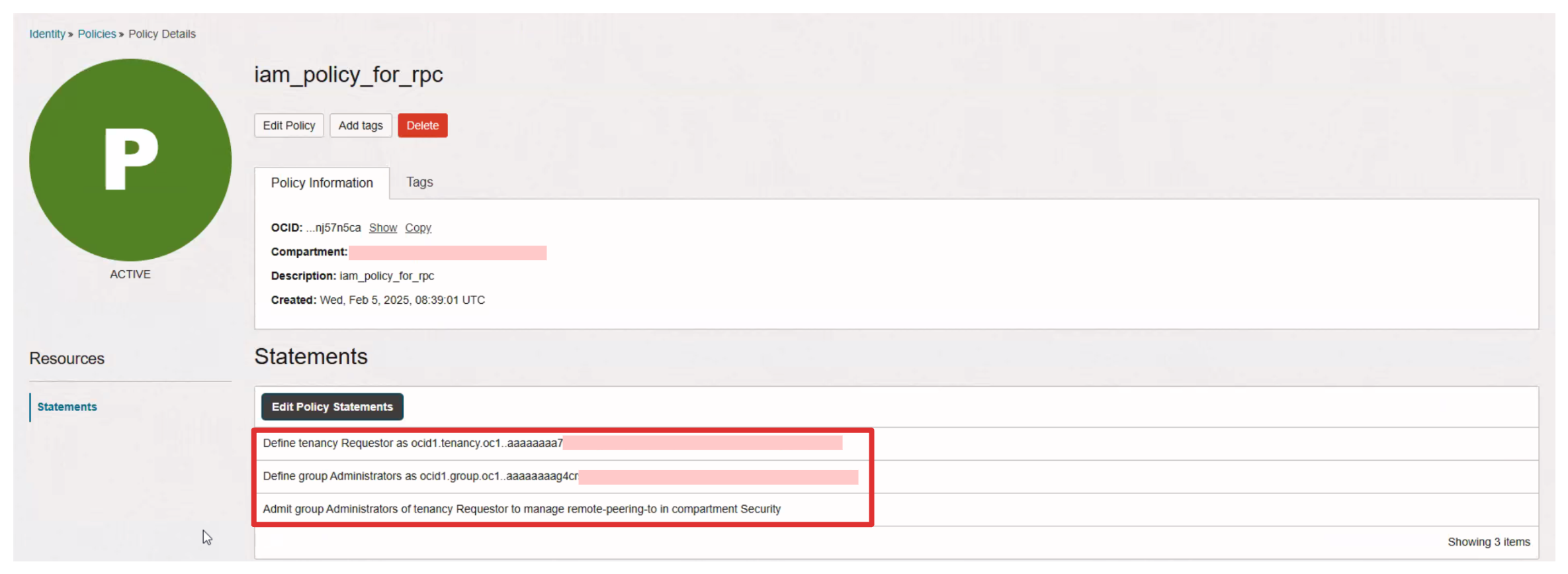

ポリシーを作成すると、構成されたポリシー・ステートメントが表示されます。

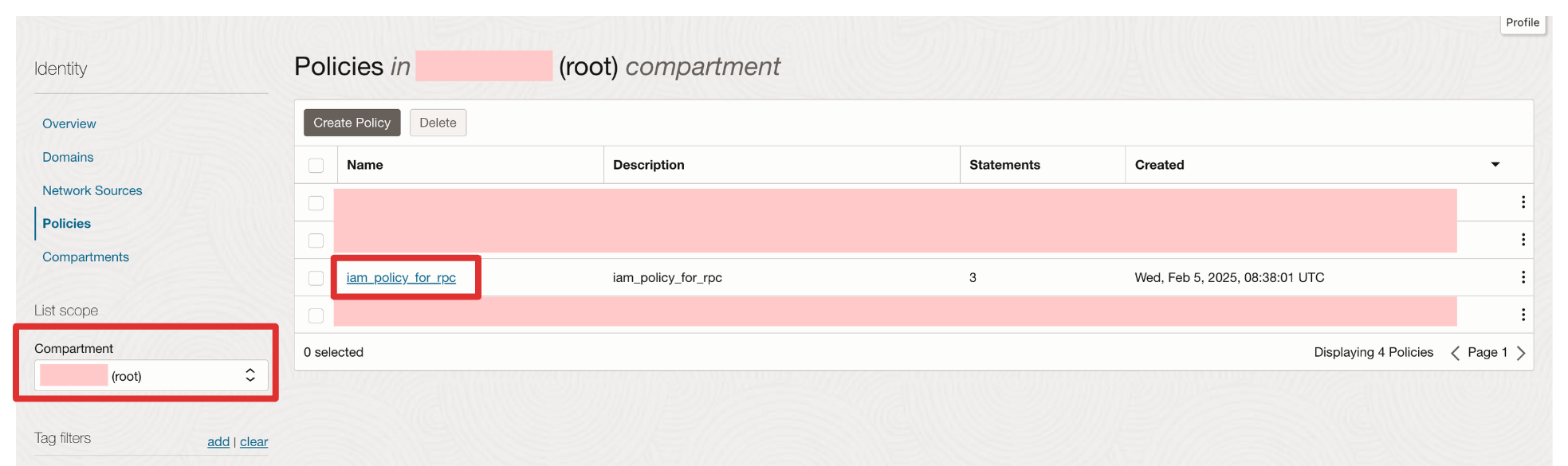

ポリシーの概要ページに戻ると、構成されたポリシーが表示されます。

タスク4.2: アクセプタ側でのOCI IAMポリシーの作成および構成

-

OCIコンソールにログインし、「アイデンティティとセキュリティ」に移動して、「ポリシー」をクリックします。

-

ルート・コンパートメントを選択して「ポリシーの作成」をクリックします。

-

次の情報を入力し、「作成」をクリックします。

- ポリシーの「名前」および「説明」を入力します。

- 「手動エディタの表示」を選択します。

- Acceptor側のポリシー・ステートメントをコピー/ペーストします。

ポリシーを作成すると、構成されたポリシー・ステートメントが表示されます。

ポリシーの概要に戻ると、構成されたポリシーが表示されます。

タスク5: リクエスタ側とアクセプタ側のDRGでのDRGアタッチメントの構成

Requestor側とAcceptor側にRPCを作成する必要があります。

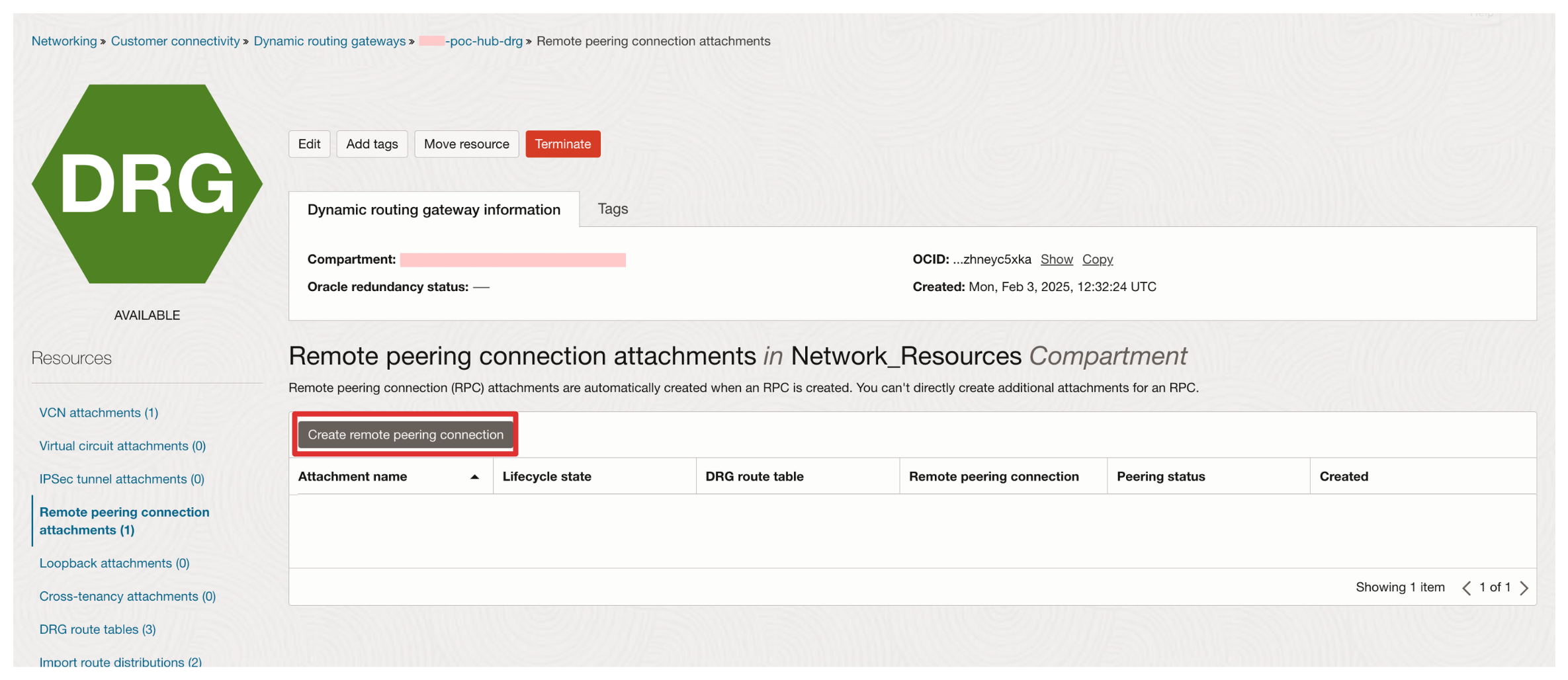

タスク5.1: リクエスタ側でのRPCの作成

-

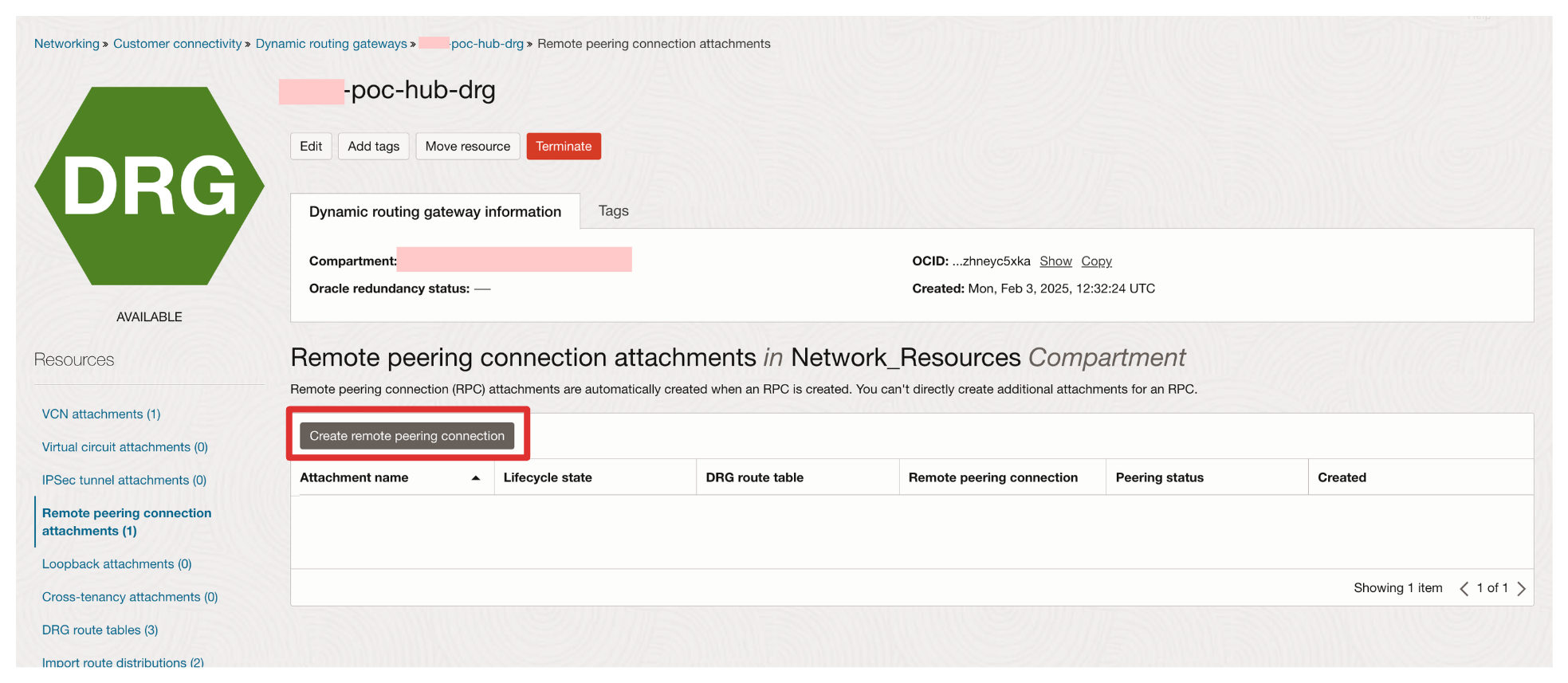

OCIコンソールに移動し、「ネットワーキング」に移動して、「Dynamic Routing Gateways」をクリックします。

-

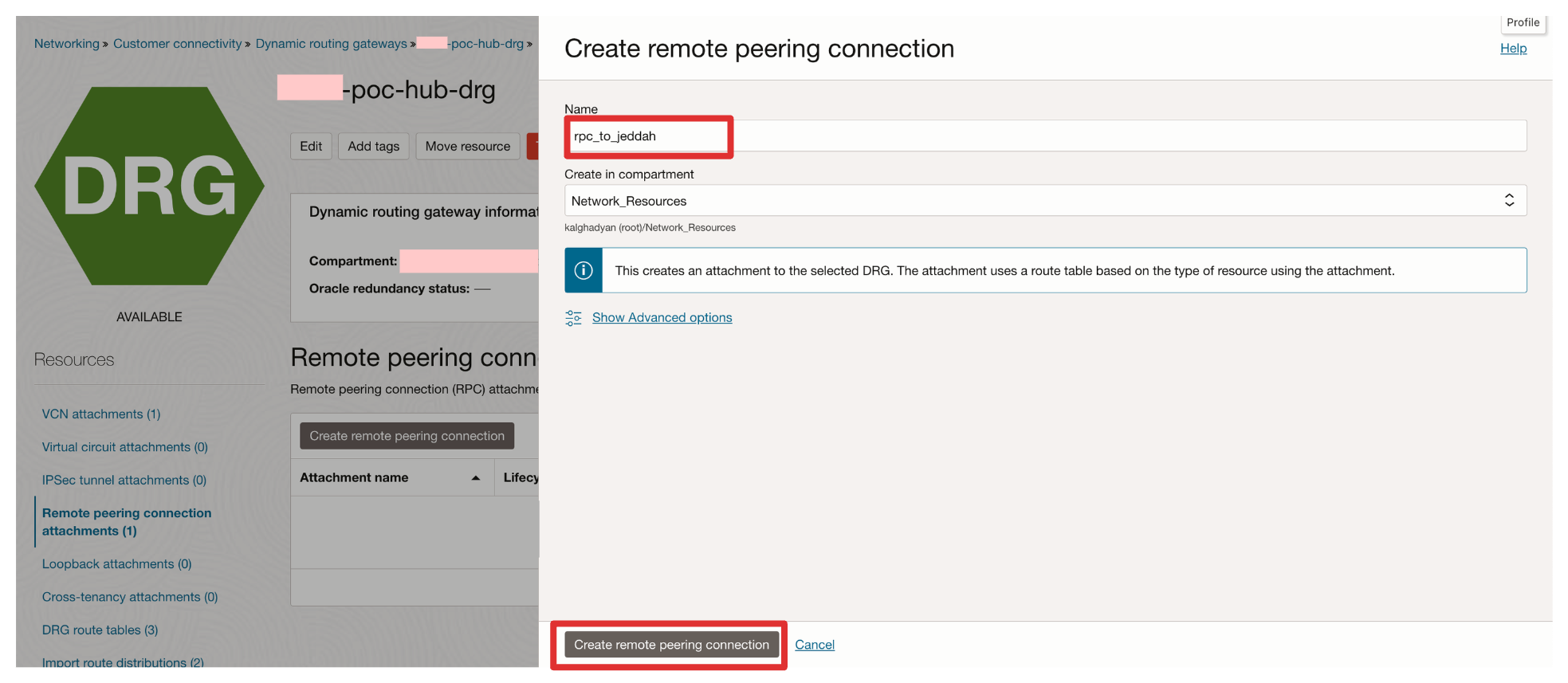

「リモート・ピアリング接続アタッチメント」および「リモート・ピアリング接続を作成」をクリックします。

-

nameと入力し、「リモート・ピアリングコネクションの作成」をクリックします。

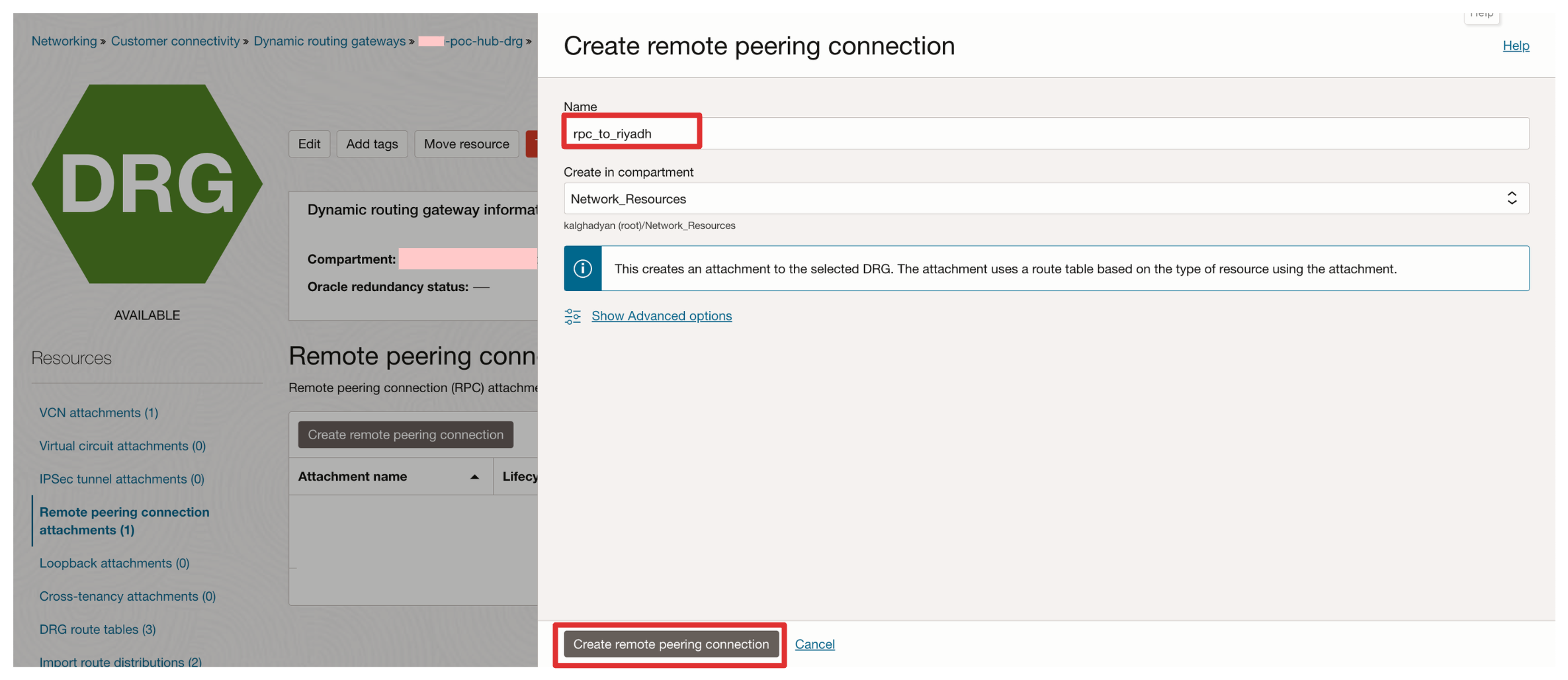

タスク5.2: Acceptor SideでのRPCの作成

-

OCIコンソールに移動し、「ネットワーキング」に移動して、「Dynamic Routing Gateways」をクリックします。

-

「リモート・ピアリング接続アタッチメント」および「リモート・ピアリング接続を作成」をクリックします。

-

nameと入力し、「リモート・ピアリングコネクションの作成」をクリックします。

-

このOCIDを使用してリクエスタ側からRPC接続を確立する必要があるため、アクセプタ側からRPC OCIDを収集します。

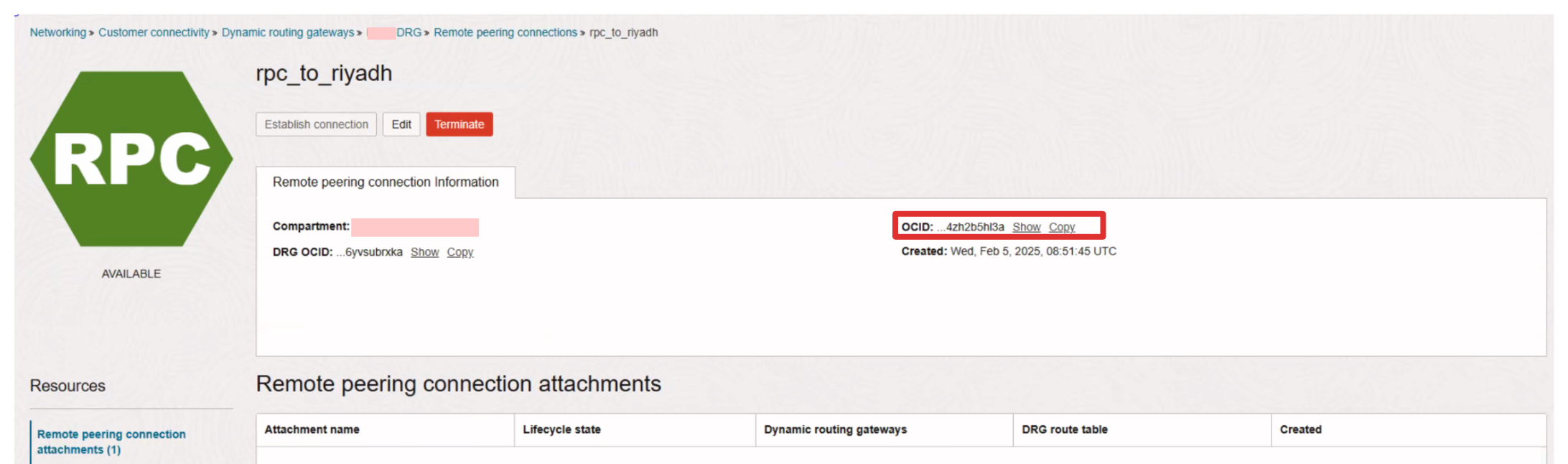

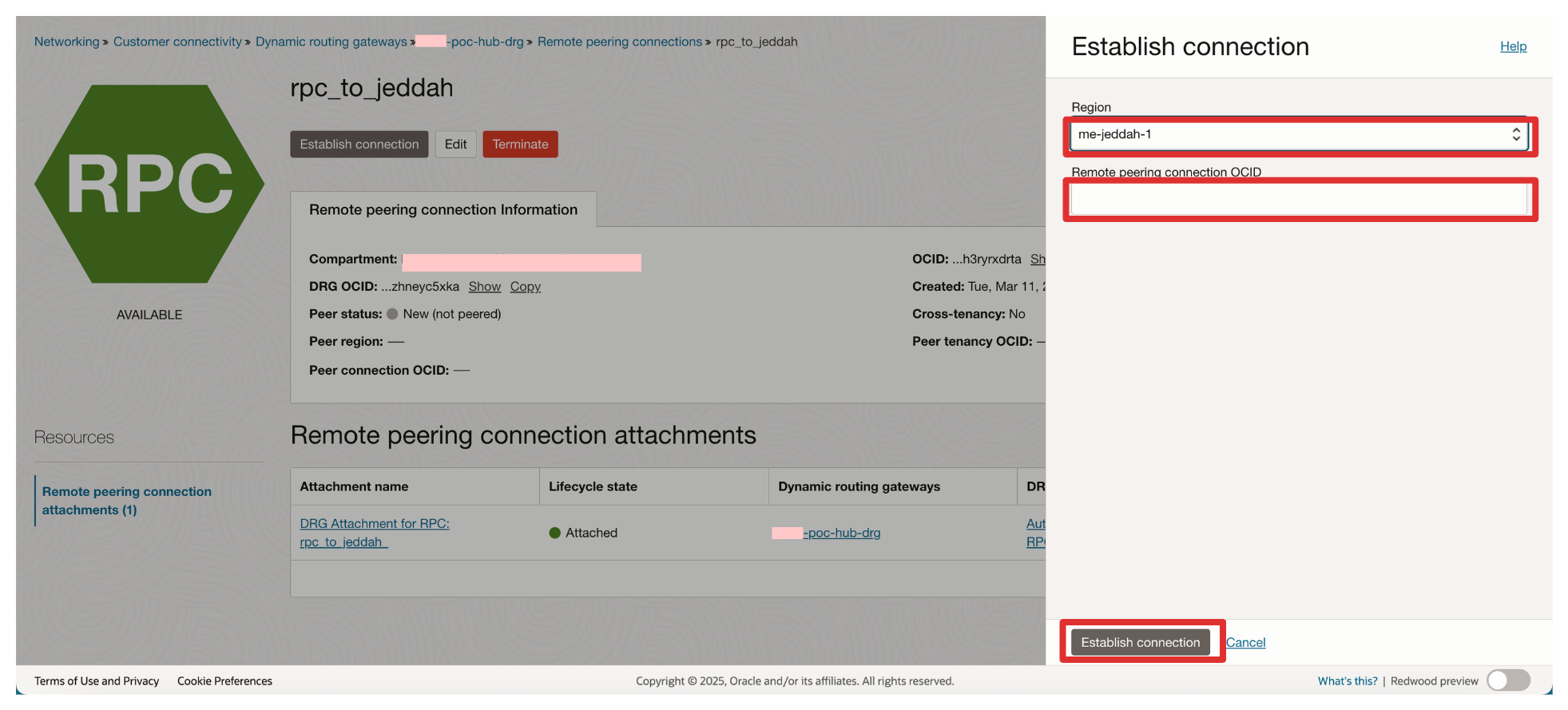

タスク6: リクエスタ側からの接続の確立

-

リクエスタ側からOCIコンソールに移動し、「ネットワーキング」、「Dynamic Routing Gateways」に移動して、「リモート・ピアリング接続アタッチメント」をクリックします。

-

タスク5で作成したリモート・ピアリング接続(アクセプタ側用に構成)をクリックします。

-

「接続の確立」をクリックします。

-

次の情報を入力し、「接続の確立」をクリックします。

- アクセプタの「リージョン」を選択します。

- タスク5で収集したRPC OCIDを貼り付けます。

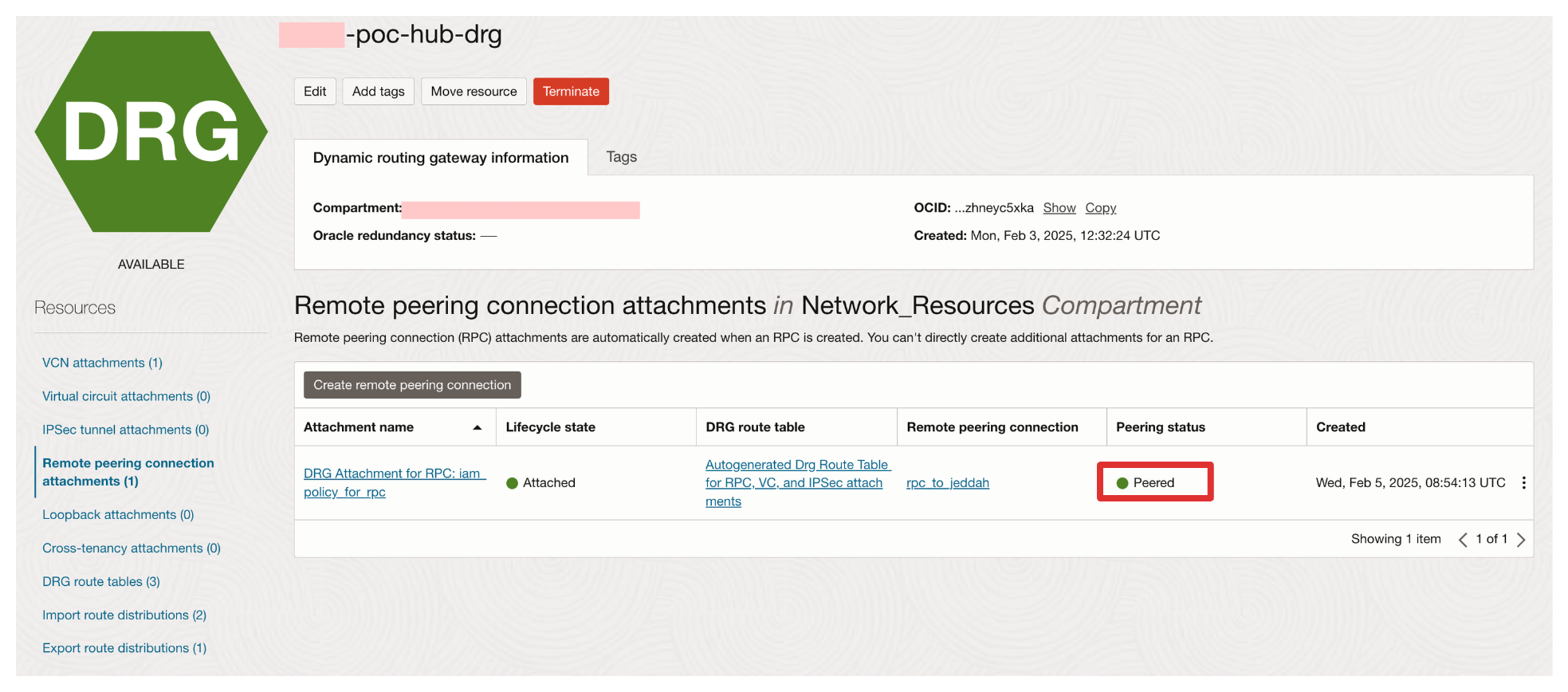

リクエスタがアクセプタ・リージョンにサブスクライブされており、右側のOCI IAMポリシーが構成され、右側のRPC OCIの場合、ピアリング・ステータスはリクエスタ側の「ピアリング済」に変更されます。

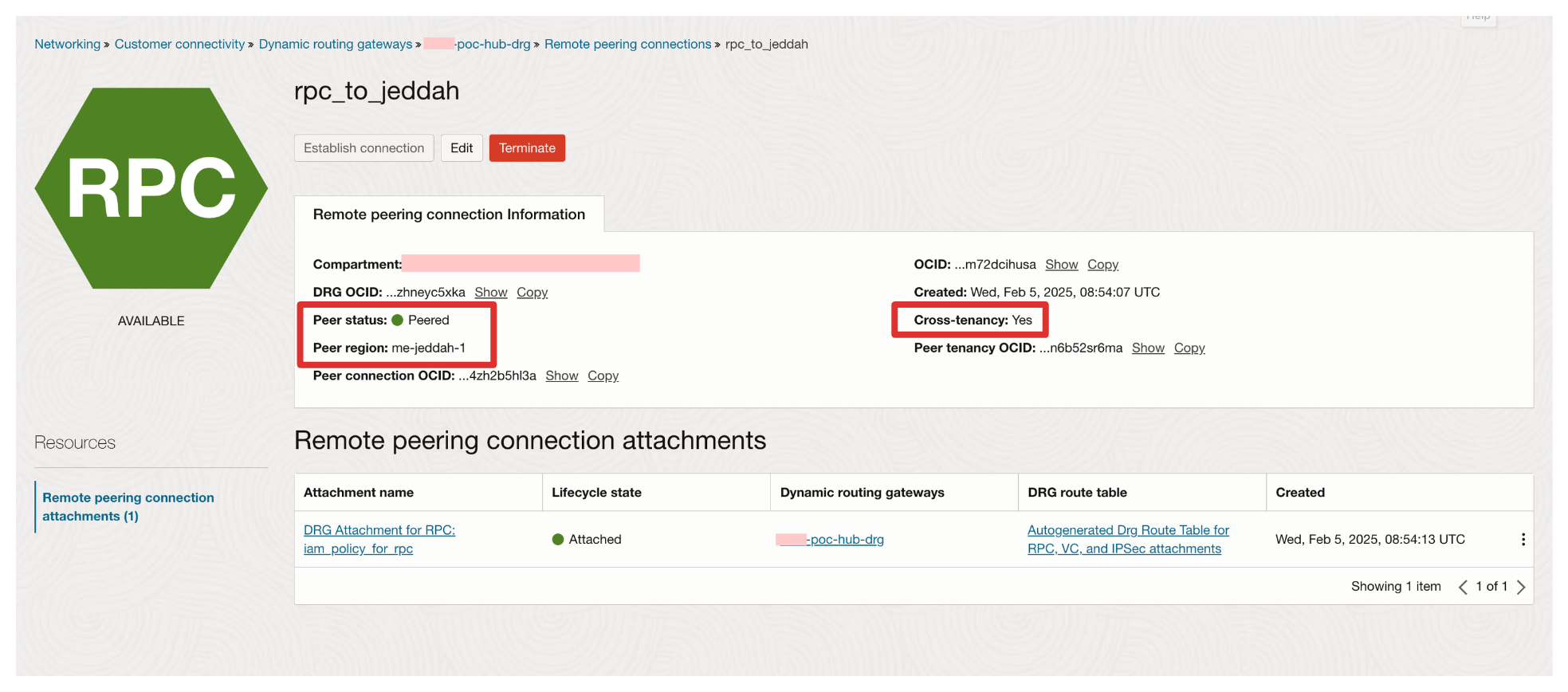

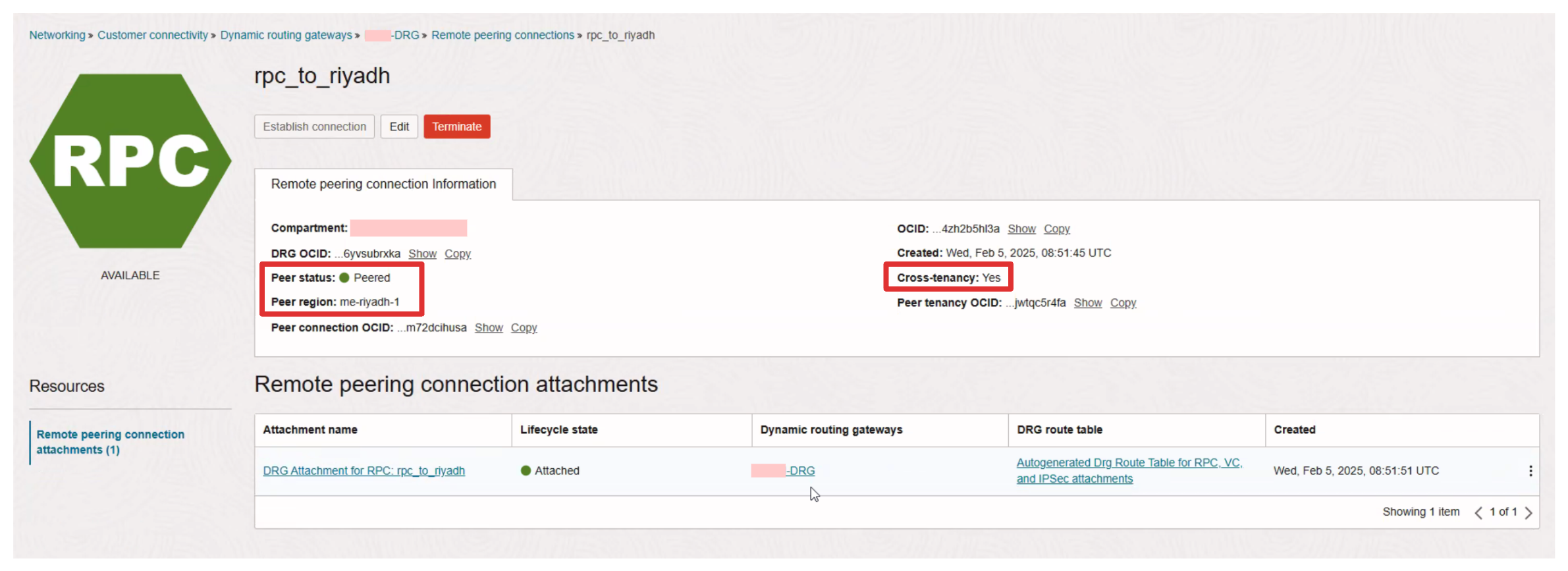

RPCをクリックすると、ピアリングに関する追加情報を参照できます。

- 「ピア・ステータス」が「ピアリング済」であることに注意してください。

- 「ピア・リージョン」が「Jeddah」であることに注意してください。

- これはクロス・テナンシ・ピアリングであることに注意してください。

-

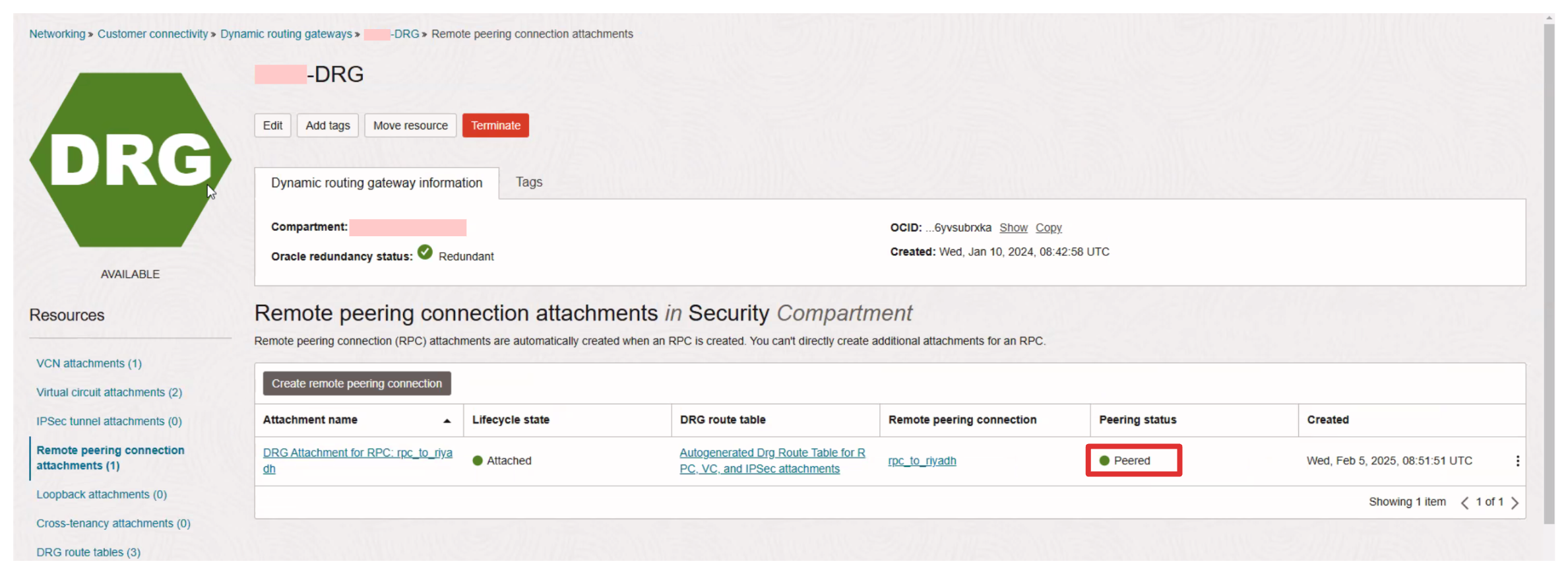

Acceptor側でピアリング・ステータスを確認することもできます。

-

アクセプタ側からOCIコンソールに移動し、「ネットワーキング」、「Dynamic Routing Gateways」に移動して、「リモート・ピアリング接続アタッチメント」をクリックします。

-

リクエスタ側に対して構成されたリモート・ピアリング接続をクリックします。

-

アクセプタ側では、「ピアリング・ステータス」も「ピアリング済」に設定されています。

RPCをクリックすると、ピアリングに関する追加情報を参照できます。

- 「ピア・ステータス」が「ピアリング済」であることを確認します。

- 「ピア・リージョン」が「リヤド」であることを確認します。

- これがクロス・テナンシ・ピアリングであることに注意してください。

-

タスク7: 3つ以上のテナントを使用したRPCアーキテクチャの設計

2つ以上のサイトまたはテナント間にRPC接続を作成することもできます。

-

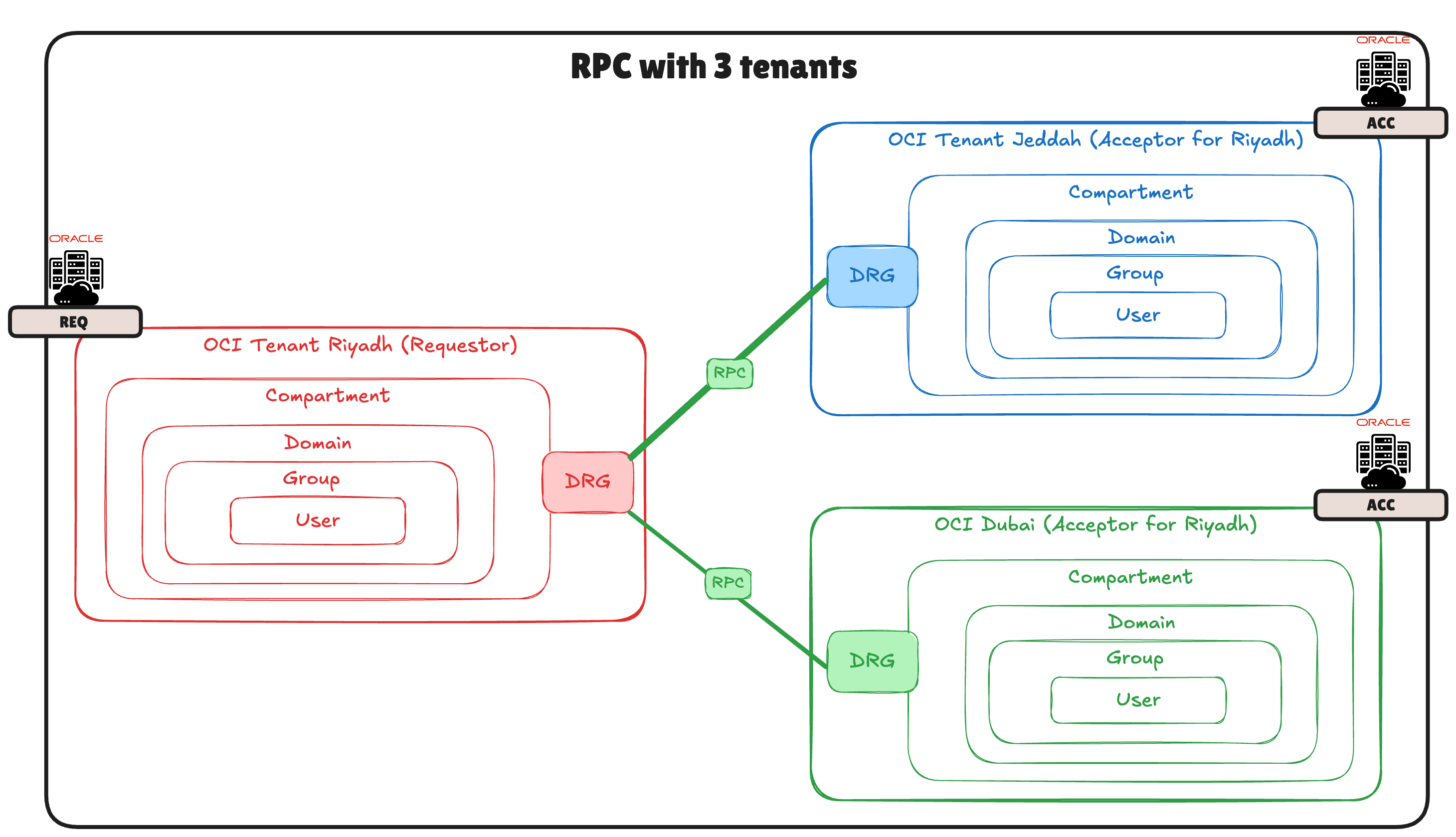

次のイメージでは、3つの異なるテナントが使用されていることがわかります。

- OCIリヤド(リクエスタ)

- OCI Jeddah (アクセプタ)

- OCIドバイ(アクセプタ)

この例では、Riyadhは2つのアクセプタのリクエスト元として機能するなんらかのハブ・サイトになります。

-

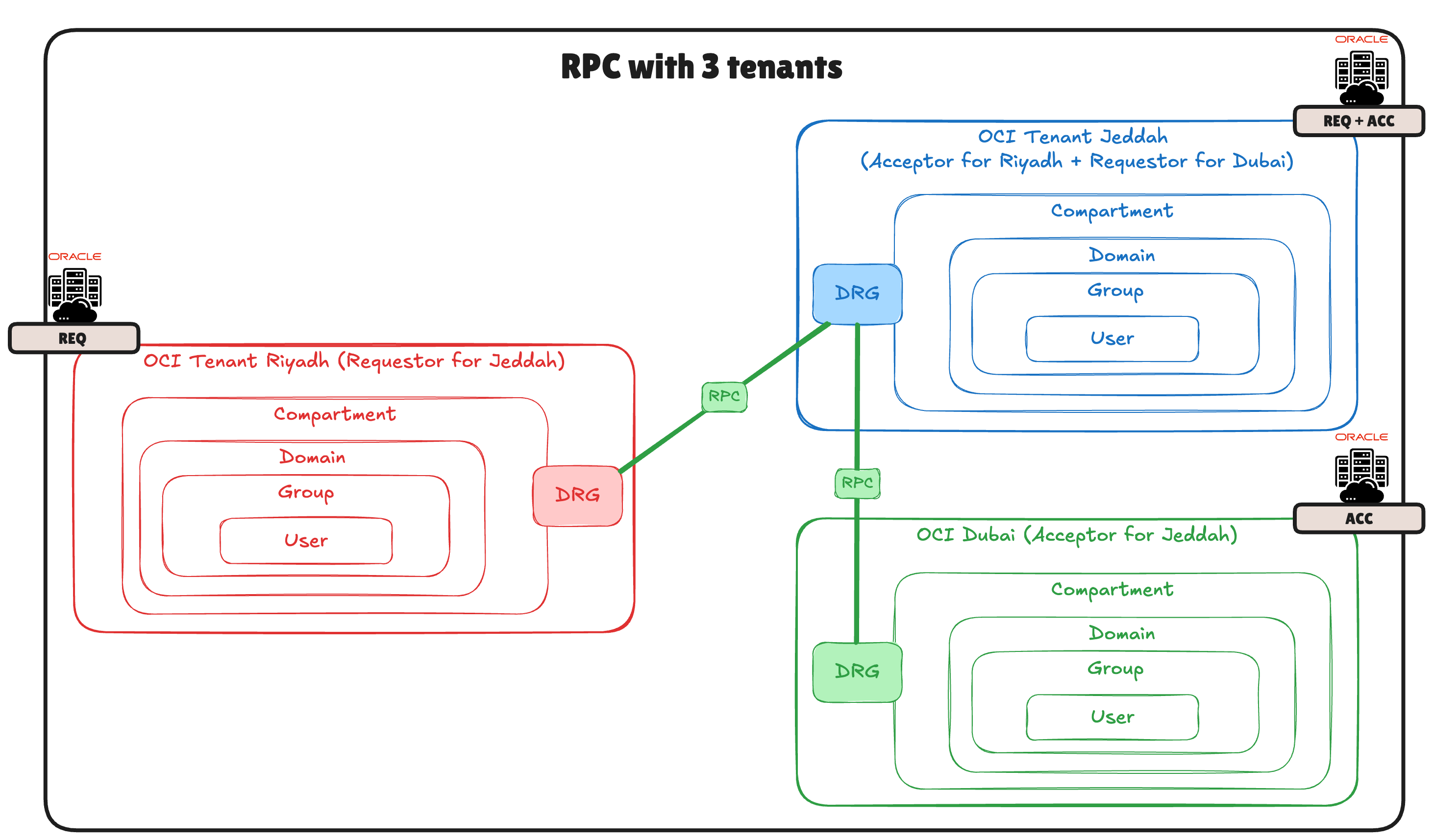

次のイメージでは、3つの異なるテナントが使用されていることがわかります。

- OCIリヤド(リクエスタ)

- OCI Jeddah (リクエスタ+アクセプタ)

- OCIドバイ(アクセプタ)

この例では、リヤドはジェッダの依頼者、ジェッダはドバイの依頼者となります。

-

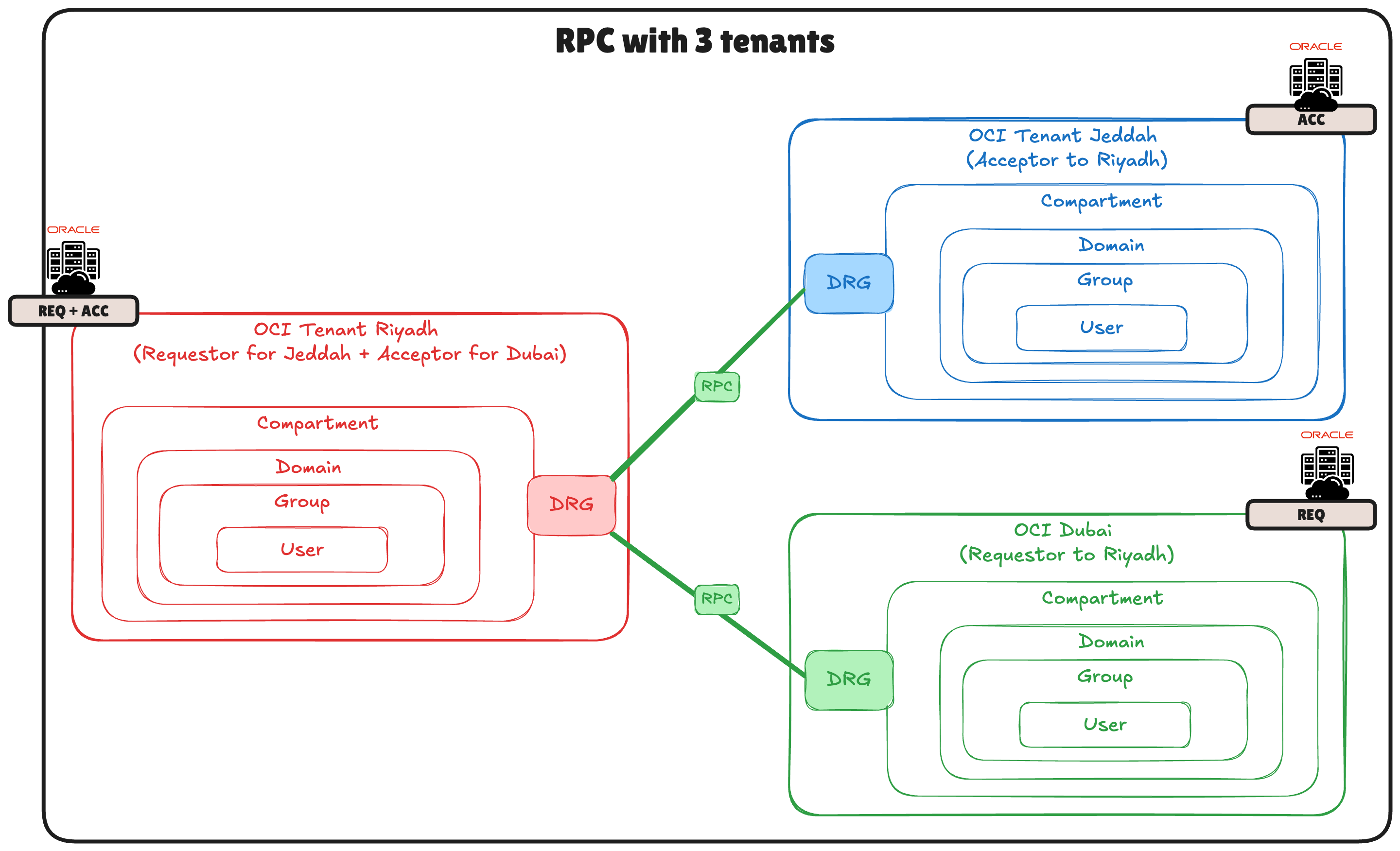

次のイメージでは、3つの異なるテナントが使用されていることがわかります。

- OCIリヤド(リクエスタ+アクセプタ)

- OCI Jeddah (アクセプタ)

- OCIドバイ(依頼者)

この例では、RiyadhがJeddahの依頼者とドバイのアクセプタになります。

まとめ

2つのOCIテナント間にRPCを設定するには、慎重な計画、正確な構成、および正しいOCI IAMポリシーが必要です。このステップバイステップのチュートリアルに従うことで、別々のテナント内の2つのDRG間にセキュアで機能的な RPCが正常に確立されました。この接続により、スケーラブルでマルチテナントのOCIアーキテクチャを構築するための重要なコンポーネントであるネットワーク間のシームレスな通信が可能になります。

プロセスを簡素化し、潜在的なポリシー・エラーを排除するために、RPC IAMポリシー・ツールでは、リクエスタ・テナントとアクセプタ・テナントの両方に必要なOCI IAMポリシーを簡単に生成できます。ポリシー、DRGアタッチメントおよびリージョン・サブスクリプションが正しく構成されていることを確認すると、円滑なピアリング設定が保証されます。

基本的なRPC構成に加えて、3つ以上のテナントでマルチテナント・アーキテクチャを設計すると、OCIネットワークの柔軟性とスケーラビリティがさらに向上します。各テナントの役割(リクエスタ、アクセプタ、またはその両方)を理解することで、ハイブリッド・ワークロードと分散ワークロードを効率的にサポートする堅牢で相互接続された環境を構築できます。

OCIのネットワーキング機能を活用することで、エンタープライズ・ネットワーキングのベストプラクティスに沿った、セキュアでスケーラブルで高パフォーマンスのクロステナント・アーキテクチャを作成できます。問題が発生した場合は、OCI IAMポリシーとDRG構成を再確認することが、トラブルシューティングの第一歩となります。

この知識があれば、組織のネットワーキング要件を満たすために、Oracle Cloud InfrastructureでRPC接続を確立および拡張する機能が十分に備わっています。

確認

- 作成者 - Iwan Hoogendoorn (OCIネットワーク・スペシャリスト)

その他の学習リソース

docs.oracle.com/learnの他のラボを調べるか、Oracle Learning YouTubeチャネルで無料のラーニング・コンテンツにアクセスしてください。また、Oracle Learning Explorerになるには、education.oracle.com/learning-explorerにアクセスしてください。

製品ドキュメントについては、Oracle Help Centerを参照してください。

Set up RPC Connection between Two Tenants and their Dynamic Routing Gateways

G30591-03