Altair HyperWorksとOracle Cloud Guardを使用したCAE環境の設定

ほぼすべてのデバイスから世界中の大規模なシミュレーションを実行できるように、オンプレミス・ハードウェアの制限からエンジニアを解放します。

Altair HyperWorksは、Oracle Cloud Infrastructureで稼働するエンジニアリング用ソフトウェア・スイートです。このスイートを使用すると、エンジニアがモデルを構築したり、エンジニアリング分析を実行したり、様々なパフォーマンス要件に応じた最適化を設計できます。Oracle Cloud Infrastructureは、リモート・ダイレクト・メモリー・アクセス(RDMA)対応のクラスタ・ネットワーキングおよびベア・メタル高パフォーマンス・コンピューティング(HPC)インスタンスを提供します。Oracle Cloud Infrastructureでは、実際のHPCインスタンスと、20,000を超えるコアにまたがる可能性のある低遅延ネットワークを結合するようになりました。

また、Altairは、このデプロイメントに類似した、Altair HyperWorks無制限という管理対象サービスを提供します。このデプロイメントでは、次のものが提供されます。

-

設計時間の短縮:企業は、設計時間を短縮し、オンデマンドでソフトウェアとハードウェアにアクセスすることで製品を市場の高速化にできます。

-

待機なし: OracleとAltairからのこのオンデマンド・ソリューションを使用する場合、エンジニアはジョブ・キューまたはHPCハードウェア調達サイクルの終了を待機する必要はありません。

-

柔軟なライセンス: Altairの革新的なライセンス・モデルにより、顧客は管理対象サービス環境で無制限のソフトウェア・ライセンスを使用できます。

アーキテクチャ

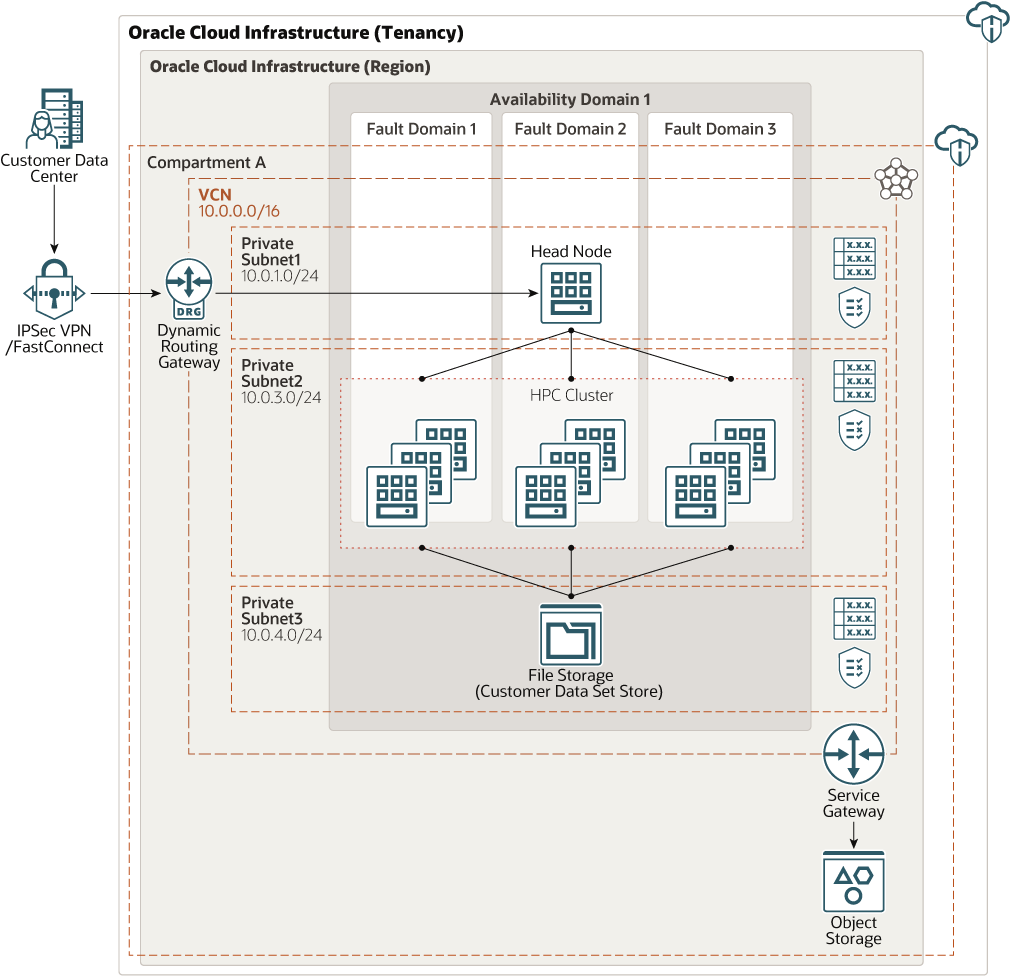

このアーキテクチャでは、ヘッド・ノードをデプロイします。ヘッド・ノードは、スケジューラを実行し、ハイパフォーマンス・コンピューティング(HPC)コンピュート・ノード・クラスタをプロビジョニングおよびプロビジョニング解除し、一部の顧客データを事前処理します。作業はHPCコンピュート・ノード・クラスタで実行され、結果はファイル・ストレージに格納されます。

このアーキテクチャは、プライベート仮想クラウド・ネットワーク(VCN)を使用してデプロイされます。顧客ネットワークは、IPSec VPNまたはFastConnectを通じてのみヘッドノードにアクセスできます。この制限により、ヘッドノードへの制御アクセスが提供されます。ただし、特定のユースケースでは、カスタマはこのアーキテクチャをパブリック・サブネットにデプロイするように選択できます。この場合、ヘッド・ノードにはパブリック・インターネットからもアクセスできます。

アーキテクチャでは、構成およびアクティビティを継続的に監視して脅威を識別し、コンパートメント・レベルで問題を修正するために自動的に機能するOracle Cloud Guardも使用されます。

アーキテクチャでは、1つの可用性ドメインとリージョン・サブネットを持つリージョンが使用されます。複数の可用性ドメインを持つリージョンで同じアーキテクチャを使用できます。可用性ドメインの数にかかわらず、デプロイメントにはリージョナル・サブネットを使用することをお薦めします。

ノート:

FastConnectを使用する場合、データ・セットの転送を高速化するために、オンプレミス・ノードにファイル・ストレージをマウントします。IPSec VPNを使用する場合、データをまずオブジェクト記憶域に転送し(速度と接続のバリエーションが原因)、次にファイル記憶域に転送します。アーキテクチャには次のコンポーネントがあります。

- リージョン

Oracle Cloud Infrastructureリージョンは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含む、ローカライズされた地理的領域です。リージョンは他のリージョンから独立しており、(複数の国または大陸にまたがって)広く離れている場合があります。

- 可用性ドメイン

可用性ドメインは、リージョン内のスタンドアロンの独立したデータ・センターです。各可用性ドメインの物理リソースは、他の可用性ドメインのリソースから分離されているため、フォルト・トレランスが実現します。可用性ドメインは、電源や冷却などのインフラストラクチャや、内部可用性ドメイン・ネットワークを共有しません。そのため、1つの可用性ドメインで障害が発生しても、そのリージョン内の他の可用性ドメインには影響しません。

- フォルト・ドメイン

フォルト・ドメインは、可用性ドメイン内のハードウェアとインフラストラクチャをグループ化したものです。各可用性ドメインには、独立した電源とハードウェアを備えた3つの障害ドメインがあります。リソースを複数の障害ドメインに分散する場合、アプリケーションは障害ドメイン内の物理サーバー障害、システム保守、および電源障害を許容できます。

- 仮想クラウド・ネットワーク(VCN)およびサブネット

VCNは、Oracle Cloud Infrastructureリージョンで設定するカスタマイズ可能なソフトウェア定義のネットワークです。従来のデータ・センター・ネットワークと同様に、VCNではネットワーク環境を完全に制御できます。VCNには、VCNの作成後に変更できる、重複しないCIDRブロックを複数含めることができます。VCNをサブネットにセグメント化できます。サブネットはリージョンまたは可用性ドメインにスコープ指定できます。各サブネットは、VCN内の他のサブネットと重複しない連続したアドレス範囲で構成されます。作成後にサブネットのサイズを変更できます。サブネットはパブリックまたはプライベートにできます。

- ヘッド・ノード

Webベースのポータルを使用して、ヘッドノードに接続し、HPCジョブをスケジュールします。ジョブ・リクエストは、FastConnectまたはIPSec VPN toのヘッド・ノードを介して送信されます。ヘッドノードは、顧客データ・セットをファイル・ストレージに送信し、データの前処理を実行できます。

ヘッドノードは、HPCノード・クラスタをプロビジョニングし、ジョブの完了時にHPCクラスタのプロビジョニングを解除します。

- HPCクラスタ・ノード

ヘッド・ノードは、これらの計算ノード(Rdma対応クラスタ)をプロビジョニングおよびプロビジョニング解除します。ファイル・ストレージに格納されているデータを処理して、結果をファイル・ストレージに返します。

- Cloud Guard

Oracle Cloud Guardを使用して、クラウド内のリソースのセキュリティを監視およびメンテナンスできます。Cloud Guardは、構成に関連するセキュリティ上の弱点についてリソースを調査し、オペレータおよびユーザーにリスクのあるアクティビティがないかどうかを監視します。セキュリティの問題またはリスクが特定されると、クラウド・ガードは修正処理を推奨し、定義可能なセキュリティ・レシピに基づいてそれらの処理を実行するのに役立ちます。

- ファイル記憶域

ファイル・ストレージ・サービス・ファイル・システムは、ヘッド・ノードとHPCクラスタ・ノードの両方にマウントされています。顧客データセットおよびHPCクラスタ・ノードがデータを処理した後の結果が格納されます。

- セキュリティ・リスト

サブネットごとに、サブネット内外で許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

推奨

要件は、ここで説明するアーキテクチャとは異なる場合があります。次の推奨事項を出発点として使用してください。

- VCN

VCNを作成するときは、VCNのサブネットにアタッチする予定のリソースの数に基づいて、必要なCIDRブロックの数と各ブロックのサイズを決定します。標準プライベートIPアドレス空間内にあるCIDRブロックを使用します。

プライベート接続を設定する他のネットワーク(Oracle Cloud Infrastructure、オンプレミス・データ・センターまたは別のクラウド・プロバイダ)と重複しないCIDRブロックを選択します。

VCNの作成後、CIDRブロックを変更、追加および削除できます。

サブネットを設計する場合は、トラフィック・フローおよびセキュリティ要件を考慮してください。特定の層またはロール内のすべてのリソースを、セキュリティ境界として機能する同じサブネットにアタッチします。

リージョナル・サブネットを使用します。

- 「セキュリティ」リスト

セキュリティ・リストを使用して、サブネット全体に適用するイングレス・ルールおよびエグレス・ルールを定義します。

- クラウド・ガード

Oracleで提供されているデフォルト・レシピをクローニングおよびカスタマイズして、カスタム・ディテクタおよびレスポンダ・レシピを作成します。これらのレシピを使用すると、警告を生成するセキュリティ違反のタイプおよび実行できるアクションを指定できます。たとえば、可視性がpublicに設定されているオブジェクト・ストレージ・バケットを検出できます。

クラウド・ガードをテナンシ・レベルで適用して、最も広範な範囲をカバーし、複数の構成を維持するための管理負担を軽減します。

管理対象リスト機能を使用して、特定の構成をディテクタに適用することもできます。

- ヘッド・ノード

VM .DenseIO2.24 Compute shapeを使用します。ローカルにアタッチされたNVMEストレージを提供し、これによりデータの前処理が高速化されます。

ヘッド・ノードは、クラウド・ガードが有効なコンパートメントにのみ存在します。特定の要件に応じて、ディテクタおよびレスポンダのデフォルト・レシピをクローニングおよび変更できます。デフォルトのレシピをそのまま使用することをお薦めします。

- 「HPCクラスタ」ノード

BM.HPC2.36コンピュート・シェイプを使用します。このシェイプには、2つの3.7GHz Intel Xeon Gold 6154プロセッサ、384 GB RAMおよび6.4-TB NVMEローカル・ストレージの36コアがあります。Oracle Cloud Infrastructureで使用可能な強力なNVIDIA GPUを使用すると、リモート・ビジュアライゼーションを介してクラウドで結果を後処理できます。

HPCクラスタ・ノードは、Cloud Guardが有効になっているコンパートメントにのみ存在します。特定の要件に応じて、ディテクタおよびレスポンダのデフォルト・レシピをクローニングおよび変更できます。デフォルトのレシピをそのまま使用することをお薦めします。

注意事項

この参照アーキテクチャをデプロイする場合は、次の点を考慮してください。

- パフォーマンス

最高のパフォーマンスを得るには、適切な帯域幅を持つ正しいコンピュート・シェイプを選択します。

- 可用性

デプロイメント要件およびリージョンに基づいて、高可用性オプションを使用することを検討してください。オプションには、1つのリージョンおよびフォルト・ドメインで複数の可用性ドメインを使用する方法があります。

- コスト

ベア・メタルGPUインスタンスは、コストを高めるために必要なCPU電力を提供します。要件を評価して、適切なコンピュート・シェイプを選択します。

- 監視およびアラート

ノードのCPUおよびメモリー使用状況の監視およびアラートを設定し、必要に応じて形状をスケール・アップまたはスケール・ダウンできるようにします。