ローカル・ピアリング・ゲートウェイを使用したハブ・アンド・スポーク・ネットワーク・トポロジの設定

ハブアンドスポーク・ネットワーク(スター・ネットワークとも呼ばれる)には、その周辺の複数のネットワークに接続された中央コンポーネントがあります。トポロジ全体はホイールに似ており、中央ハブは複数のスポークを通してホイールの端に沿ってポイントに接続されます。従来のオンプレミス・データ・センターでこのトポロジを設定すると、コストがかかる場合があります。しかし、クラウドでは追加コストはありません。

-

個別の開発環境と本番環境を設定します。

-

独立したソフトウェア・ベンダー(ISV)のサブスクライバやマネージド・サービス・プロバイダの顧客など、様々な顧客のワークロードを分離します。

-

支払カード業界(PCI)や医療保険の相互運用性と説明責任に関する法律(HIPAA)の要件など、コンプライアンス要件を満たす環境の分離。

-

ログ・サーバー、ドメイン・ネーム・システム(DNS)および中央ネットワークからのファイル共有などの共有情報テクノロジ・サービスを提供します。

アーキテクチャ

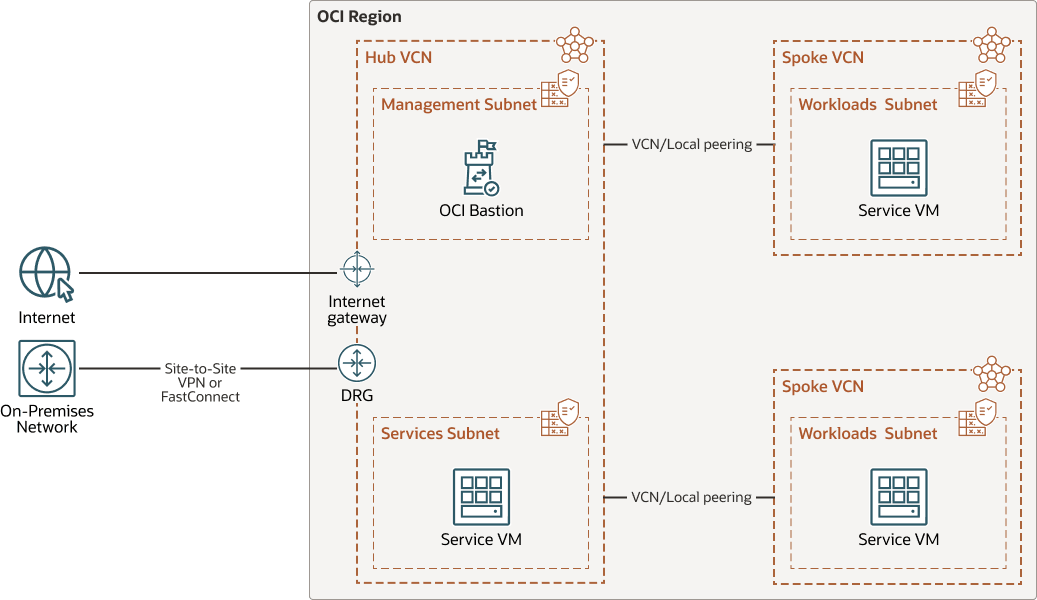

This reference architecture shows an Oracle Cloud Infrastructure region with a hub virtual cloud network (VCN) connected to two spoke VCNs.各スポークVCNは、ローカル・ピアリング・ゲートウェイ(LPG)のペアを使用してハブVCNとピアリングされます。

このアーキテクチャは、いくつかのサンプル・サブネットおよび仮想マシン(VM)を示しています。セキュリティ・リストは、各サブネットとの間のネットワーク・トラフィックの制御に使用されます。すべてのサブネットには、VCN外部のターゲットにバインドされたトラフィックを転送するルールを含むルート表があります。

ハブVCNには、パブリック・インターネットとの間のネットワーク・トラフィックのインターネット・ゲートウェイがあります。また、オンプレミス・ネットワークとのプライベート接続を有効にする動的ルーティング・ゲートウェイ(DRG)もあります。このゲートウェイは、Oracle Cloud Infrastructure FastConnect、サイト間VPNまたはその両方を使用して実装できます。

Oracle Cloud Infrastructure Bastionまたは要塞ホストを使用して、リソースへの安全なアクセスを提供できます。このアーキテクチャでは、OCI Bastionを使用します。

次の図は、リファレンス・アーキテクチャを示しています。

- オンプレミス・ネットワーク

このネットワークは、組織で使用されるローカル・ネットワークです。これはトポロジのスポークの一つです。

- OCIのリージョン

OCIリージョンとは、可用性ドメインをホストする1つ以上のデータ・センターを含む、ローカライズされた地理的領域のことです。リージョンは他のリージョンから独立しており、長距離の場合は複数の国または大陸にまたがる領域を分離できます。

- OCI仮想クラウド・ネットワークおよびサブネット

仮想クラウド・ネットワーク(VCN)は、ソフトウェアで定義されたカスタマイズ可能なネットワークであり、OCIリージョン内に設定します。従来のデータ・センター・ネットワークと同様に、VCNsではネットワーク環境を制御できます。VCNには、VCNの作成後に変更できる複数の非重複クラスレス・ドメイン間ルーティング(CIDR)ブロックを含めることができます。VCNをサブネットにセグメント化して、そのスコープをリージョンまたは可用性ドメインに設定できます。各サブネットは、VCN内の他のサブネットと重複しない連続した範囲のアドレスで構成されます。サブネットのサイズは、作成後に変更できます。サブネットはパブリックにもプライベートにもできます。

- セキュリティ・リスト

サブネットごとに、サブネット内外で許可されるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- ルート表

仮想ルート表には、サブネットからVCN外部の宛先(通常はゲートウェイ経由)にトラフィックをルーティングするルールが含まれています。

- 動的ルーティング・ゲートウェイ(DRG)

The DRG is a virtual router that provides a path for private network traffic between VCNs in the same region, between a VCN and a network outside the region, such as a VCN in another OCI region, an on-premises network, or a network in another cloud provider.

- OCI Bastion

Oracle Cloud Infrastructure Bastionは、パブリック・エンドポイントがなく、ベア・メタルや仮想マシン、Oracle MySQL Database Service、Autonomous Transaction Processing (ATP)、Oracle Cloud Infrastructure Kubernetes Engine (OKE)、およびSecure Shell Protocol (SSH)アクセスを許可するその他のリソースなど、厳密なリソース・アクセス制御を必要とするリソースへの制限された時間制限付きのセキュアなアクセスを提供します。OCI Bastionサービスを使用すると、ジャンプ・ホストをデプロイおよびメンテナンスすることなく、プライベート・ホストへのアクセスを有効にできます。さらに、アイデンティティベースの権限と一元化、監査および期限付きSSHセッションにより、セキュリティ・ポスチャが向上します。OCI Bastionは、要塞アクセスのためのパブリックIPの必要性を排除し、リモート・アクセスを提供する際の手間と潜在的な攻撃対象領域を排除します。

- Bastionホスト

要塞ホストは、クラウド外部からトポロジへのセキュアで制御されたエントリ・ポイントとして機能するコンピュート・インスタンスです。要塞ホストは通常、非武装地帯(DMZ)にプロビジョニングされます。機密リソースは、クラウド外部から直接アクセスできないプライベート・ネットワークに配置することで保護できます。トポロジには、定期的に監視および監査できる既知のエントリ・ポイントが1つあります。そのため、トポロジへのアクセスを損なうことなく、より機密性の高いコンポーネントの公開を回避できます。

- ローカル・ピアリング・グループ(LPG)

LPGは、同じリージョン内のVCNs間のピアリングを提供します。ピアリングとは、VCNsがプライベートIPアドレスを使用して通信することを意味し、トラフィックがインターネットをトラバースしたり、オンプレミス・ネットワークを経由してルーティングしたりする必要はありません。

- OCIサイト間VIP

OCIサイト間VPNは、オンプレミス・ネットワークとOCI上のVCNs間のIPSec VPN接続を提供します。IPSecプロトコル・スイートは、パケットがソースから宛先に転送される前にIPトラフィックを暗号化し、到着時にトラフィックを復号化します。

- OCI FastConnect

Oracle Cloud Infrastructure FastConnectは、データセンターとOCI間に専用のプライベート接続を作成します。FastConnectは、インターネット・ベースの接続と比較して、より高い帯域幅オプションとより信頼性の高いネットワーキング・エクスペリエンスを提供します。

レコメンデーション

実際の要件は、ここで説明するアーキテクチャとは異なる場合があります。次の推奨事項を開始点として使用します。

- VCN

VCNを作成するときには、必要なCIDRブロックの数を決定し、VCN内のサブネットにアタッチする予定のリソースの数に基づいて各ブロックのサイズを決定します。標準のプライベートIPアドレス領域内にあるCIDRブロックを使用します。

プライベート接続を設定する他のネットワーク(Oracle Cloud Infrastructure、オンプレミス・データ・センターまたは別のクラウド・プロバイダ)と重複しないCIDRブロックを選択します。

VCNを作成した後、そのCIDRブロックを変更、追加および削除できます。

サブネットを設計するときには、トラフィック・フローおよびセキュリティ要件を考慮してください。特定の層またはロール内のすべてのリソースを同じサブネットにアタッチします。このサブネットはセキュリティ境界として機能します。

リージョン・サブネットを使用します。

- セキュリティ・リスト

セキュリティ・リストを使用して、サブネット全体に適用されるイングレスおよびエグレス・ルールを定義します。

考慮事項

クラウドでハブアンドスポーク・ネットワーク・トポロジを設計する場合は、次の要因を考慮してください。

- コスト

コストがかかるこのアーキテクチャのコンポーネントは、コンピュート・インスタンスとFastConnectのみです(ポート時間とプロバイダ料金)。その他のコンポーネントには原価が関連付けられていません。

- セキュリティ

適切なセキュリティ・メカニズムを使用してトポロジを保護します。

指定されたTerraformコードを使用してデプロイするトポロジには、次のセキュリティ特性が組み込まれています。- ハブVCNのデフォルト・セキュリティ・リストでは、0.0.0.0/0からのSSHトラフィックが許可されます。セキュリティ・リストを調整して、インフラストラクチャへのSSHアクセスが必要なホストおよびネットワーク(またはその他の必要なサービス・ポート)のみを許可します。

- このデプロイメントでは、すべてのコンポーネントが同じコンパートメントに配置されます。

- スポークVCNsにはインターネットからアクセスできません。

- 拡張性

テナンシにおけるVCNsとサブネットのサービス制限について考えてみます。より多くのネットワークが必要な場合は、制限の拡大をリクエストします。

- パフォーマンス

リージョン内では、VCNsの数によってパフォーマンスは影響を受けません。異なるリージョンのVCNsをピアリングする場合は、レイテンシを考慮してください。OCI Site-to-Site VPNまたはOCI FastConnectを介して接続されたスポークを使用する場合、接続のスループットは追加の要因となります。

- 可用性と冗長性

インスタンスを除き、残りのコンポーネントには冗長性要件はありません。

OCIサイト間VPNおよびOCI FastConnectコンポーネントは冗長です。さらに冗長性を確保するには、異なるプロバイダからの複数の接続を使用してください。

デプロイ

このリファレンス・アーキテクチャのTerraformコードは、GitHubにあります。1回のクリックでコードをOracle Cloud Infrastructure Resource Managerにプルし、スタックを作成してデプロイできます。または、GitHubからコンピュータにコードをダウンロードし、コードをカスタマイズして、Terraform CLIを使用してアーキテクチャをデプロイできます。

ノート:

Terraformコードには、要塞ホスト用のVMなど、アーキテクチャ・ダイアグラムに示されているコンポーネントのほとんどが含まれています。サービスVM、ワークロードVM、OCIサイト間VPN、OCI FastConnectおよびOCI Bastionはコードに含まれませんが、図に示されています。- Oracle Cloud Infrastructure Resource Managerを使用してデプロイします:

- をクリックします

サインインしていない場合は、テナンシおよびユーザー資格証明を入力します。

- 利用規定を確認して受諾します。

- スタックをデプロイする領域を選択します。

- 画面上のプロンプトおよび指示に従ってスタックを作成します。

- スタックを作成したら、「Terraformアクション」をクリックし、「プラン」を選択します。

- ジョブが完了するまで待機し、プランをレビューします。

変更するには、「スタックの詳細」ページに戻り、「スタックの編集」をクリックして必要な変更を行います。次に、「プラン」アクションを再度実行します。

- これ以上の変更が必要ない場合は、「スタックの詳細」ページに戻り、「Terraformアクション」をクリックして「適用」を選択します。

- をクリックします

- Terraform CLIを使用してデプロイします:

- GitHubに移動します。

- ローカル・コンピュータにリポジトリをクローニングまたはダウンロードします。

READMEドキュメントの手順に従います。

変更履歴

このログには、重要な変更のみがリストされます。

| 2025年8月28日 | 要塞ホストではなくOracle Cloud Infrastructure Bastionの使用を強調表示します。 |

| 2022年3月10日 | アーキテクチャ図の編集可能なバージョン(.SVGおよび.DRAWIO)をダウンロードするオプションが追加されました。 |

| 2021年7月31日 | アーキテクチャを他のハブ・アーキテクチャやスポーク・アーキテクチャと区別できるように、ゲートウェイのタイプを含めるようにタイトルを変更しました。 |

| 2020年8月28日 | Oracle Cloud Infrastructure Resource Managerを使用してアーキテクチャをデプロイする手順を簡素化しました。 |

| 2020年7月2日 |

|

| 2020年3月9日 | 「デプロイ」セクションを追加しました。 |