クラウドでのマルチテナント・データベース・アーキテクチャへのPDBの移行について

オンプレミス・プラットフォームがリトル・エンディアンの場合、プラグ/アンプラグ方式を使用してデータベースをクラウド内のマルチテナント環境に移行できます。この方法では、ソース・データベースとターゲット・データベースに、互換性のあるデータベース・キャラクタ・セットと各国語キャラクタ・セットが設定されている必要があります。

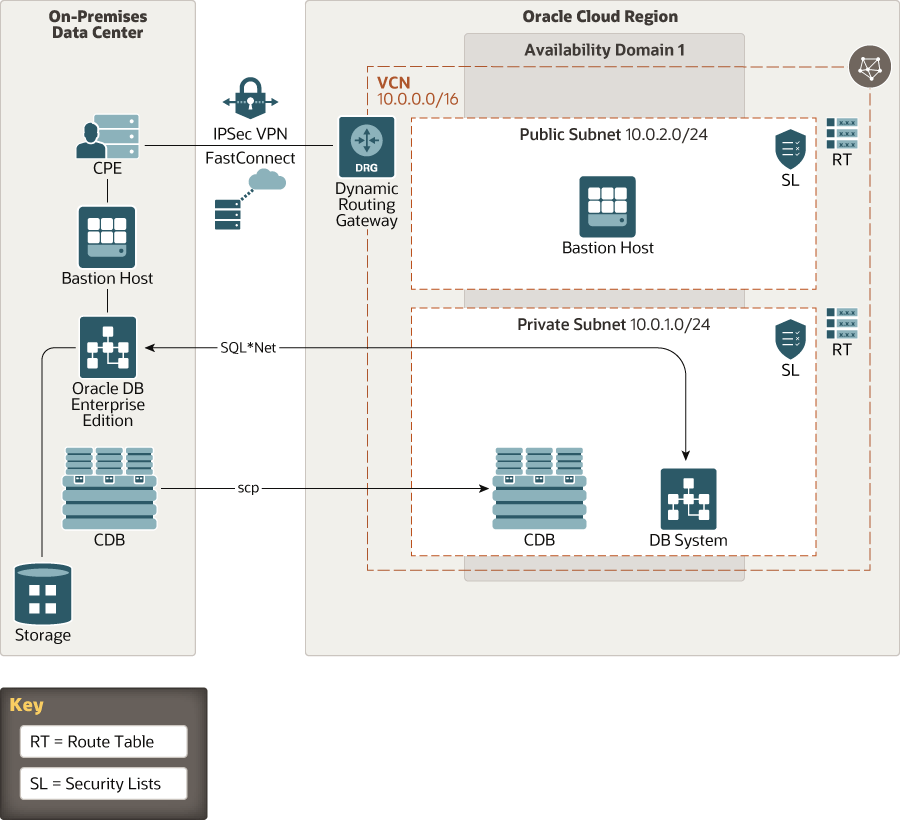

アーキテクチャ

このアーキテクチャは、接続/切断方法でデータベースを移行する際に使用されるコンポーネントを示しています。このアーキテクチャは、プラガブル・データベース(PDB)をオンプレミスのコンテナ・データベース(CDB)からOracle Cloudの互換性のあるCDBに移行する場合に使用します。

図migrate-pdb-db.pngの説明

Oracle Database 19 c PDBをOracle Cloud Infrastructureの同じバージョンに移行するには、次のタスクを実行します。

- オンプレミス・ソース・データベースに接続します。

- SQL*Plusを起動してソースPDBをクローズします。

- PDBを切断し、クラウド内のコンテナ・データベース(CDB)に接続されるデータファイルのリストを含むPDBマニフェスト・ファイルを生成します。

- セキュア・コピー(scp)ユーティリティを使用して、PDBマニフェスト・ファイルをクラウド内のマルチテナント・データベース・アーキテクチャ(CDB)にコピーします。

- PDBをマルチテナント・データベース・アーキテクチャに接続し、SQL*Plusを起動してPDBをオープンします。

- 移行を検証します。

このアーキテクチャでは次のコンポーネントがサポートされています。

- データベース

ソース・データベースはOracle Database 19 cで、ターゲット・データベースはOracle Cloud Infrastructure仮想マシン・インスタンスです。コンソールからターゲットをプロビジョニングするか、Terraformコードを使用してトポロジをデプロイできます。Terraformコードには、トポロジ要件に適合するようにアーキテクチャをチューニングするために使用できる入力変数が含まれています。

- Bastion host

Bastionホストは、クラウドの外部からトポロジへのセキュアで制御されたエントリ・ポイントとして機能するコンピュート・インスタンスです。Bastionホストは通常、非武装地帯(DMZ)でプロビジョニングされます。これにより、クラウドの外部から直接アクセスできないプライベート・ネットワークに機密リソースを配置することで、機密リソースを保護できます。トポロジには、定期的に監視および監査できる単一の既知のエントリ・ポイントがあります。そのため、トポロジのより機密性の高いコンポーネントへのアクセスを損なわずに、それらを公開することを回避できます。

- リージョン

Oracle Cloud Infrastructureリージョンは、可用性ドメインと呼ばれる、1つ以上のデータ・センターを含むローカライズされた地理的領域です。リージョンは他のリージョンから独立しており、大規模な距離で(国間または大陸間で)分離できます。

- 可用性ドメイン

可用性ドメインは、リージョン内のスタンドアロンの独立したデータ・センターです。各アベイラビリティ・ドメインの物理リソースは、フォルト・トレランスを提供する他のアベイラビリティ・ドメインのリソースから分離されます。アベイラビリティ・ドメインは、電源や冷却などのインフラストラクチャ、または内部のアベイラビリティ・ドメイン・ネットワークを共有しません。そのため、ある可用性ドメインで障害が発生しても、リージョン内の他の可用性ドメインに影響を与えることはほとんどありません。

- SQL*Net

SQL*Netは、ソースCDBからターゲットCDBへのPDBのアクセスおよび移動に使用されます。ソース・データベースとターゲット・データベースには、ポート1521へのSQL*Netアクセス権が必要です。

- セキュリティ・リスト

サブネットごとに、サブネットとの間で許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- ルート表

仮想ルート表には、サブネットからVCN外部の宛先(通常はゲートウェイ経由)にトラフィックをルーティングするルールが含まれています。

オンプレミスとクラウド間のプライベート接続。接続性には次のコンポーネントがあります:

- VPN Connect

VPN Connectは、オンプレミス・ネットワークとOracle Cloud InfrastructureのVCN間のサイト間IPSec VPN接続を提供します。IPSecプロトコル・スイートは、パケットがソースから宛先に転送される前にIPトラフィックを暗号化し、着信時にトラフィックを復号化します。

- FastConnect

Oracle Cloud Infrastructure FastConnectを使用すると、データ・センターとOracle Cloud Infrastructure間に専用のプライベート接続を簡単に作成できます。FastConnectでは、インターネットベースの接続と比較して高帯域幅オプションと信頼性の高いネットワーキング体験が提供されます。

- 動的ルーティング・ゲートウェイ(DRG)

DRGは、VCNとリージョン外のネットワークとの間のプライベート・ネットワーク・トラフィック(別のOracle Cloud InfrastructureリージョンのVCN、オンプレミス・ネットワーク、別のクラウド・プロバイダのネットワークなど)のパスを提供する仮想ルーターです。

ターゲット・クラウド・トポロジをデプロイするTerraformコードは、GitHubで入手できます。オンプレミス・ソース・データベース・ホスト・システムにTerraformをインストールし、ソース・データベース・ホスト・システムからコードを実行してクラウドにOracle Cloud Infrastructureコンポーネントを構築します。このコードを使用して、必要なネットワーキング・リソース、bastionサーバーのコンピュート・インスタンスおよび仮想マシン・データベース(VM DB)システムをプロビジョニングできます。

必要なサービス、製品およびロールについて

このソリューションには、次のサービス、製品および役割が必要です。

- オンプレミスにデプロイされたOracle Database 19 c以上

- Oracle Linux 7以上

- SQL*Plus

- Oracle Cloud InfrastructureでのOracleオブジェクト・ストレージ

- Oracle Cloud Infrastructureのコンテナ・データベース

これらは、各サービスに必要なロールです。

| サービス名:ロール | 必要な操作 |

|---|---|

| Oracle Cloud Infrastructure:管理 | ターゲット仮想マシンDB SystemおよびCDBを作成し、Oracle Cloudでリソースを設定します。 |

| Oracle Cloud Infrastructure Object Storage:管理 | オンプレミスPDBからデータ・ファイルを格納するバケットを作成します。 |

| SQL*Plus: sysdba | SQL*Plusを使用してデータベースにアクセスします。 |

Oracle SolutionsのOracle Cloudサービスを取得して必要なクラウド・サービスを取得する方法を参照してください。