Oracle Cloud Infrastructure上のGO-Globalで仮想アプリケーションをデプロイします

GO-Globalは、GraphOnによって開発されたアプリケーション仮想化ソフトウェアで、ブラウザまたはGO-Globalクライアントを介して既存のアプリケーションをすぐに利用可能にできます。

GO-Globalでは、WindowsアプリケーションをOracle Cloud Infrastructure (OCI)に公開し、OCIサービスを完全に活用できます。GO-Globalは、帯域幅が16Kbpsの低速接続でも高パフォーマンス・セッションを提供します。セキュリティは、256ビットSSLを介して暗号化された接続によって保証されます。

評価に値する重要なポイントは、アプリケーションがRDS機能を使用する必要がないことです。GraphOnによると、同社のソフトウェアGO-Globalは、Microsoft Remote Desktop ServicesやWindowsの組み込みマルチセッションカーネル機能に依存することなく、複数のユーザーがMicrosoft Windowsアプリケーションにリモートでアクセスできます。RDSに機能を追加する他の製品とは異なり、GO-GlobalはMicrosoftのマルチセッション機能とそのリモートデスクトップクライアント、ディスプレイドライバ、プロトコル、インターネットゲートウェイ、管理ツールを完全に置き換えます。GO-Globalの独自のアーキテクチャにより、WindowsデスクトップまたはサーバーにRDSコンポーネントをインストールする必要がなくなります。

GO-Globalは、仮想アプリケーションを提供し、Windowsデスクトップとサーバーの両方でリモートからアクセスするための包括的なソリューションです。GraphOnテクノロジは、他のベンダーの機能やアーキテクチャに依存することなく、排他的に使用します。

アーキテクチャ

このリファレンス・アーキテクチャでは、GO-GlobalおよびOCIサービスを活用してWindowsアプリケーションをクラウドにデプロイし、アプリケーションの可用性、パフォーマンスおよびセキュリティを向上させる方法の概要を説明します。

複数のプラットフォームからのアプリケーション・アクセス

GO-Globalは、オンプレミスまたはクラウドにインストールされたWindowsサーバーにアプリケーションを公開します。ユーザーは、Windows、Mac、Linuxデバイス、またはAndroid 9.0以降を実行しているARMプロセッサを搭載した任意のデバイスから、GO-Globalの公開済アプリケーションに透過的にアクセスできます。ユーザー・アクセスは、Explorer、Firefox、Safari、Chrome、Edgeなど、デバイスまたはブラウザにインストールされているクライアントを介して行われます。Webブラウザ・アクセスでは、HTML5クライアントをインストールする必要はありません。

モバイル・デバイスの場合、GO-Globalはモバイル・アプリ・ツールバー・エディタを提供しています。このエディタは、モバイル・デバイスからアプリケーションにアクセスしたときに表示されるツールバー・ボタンおよびメニューの定義に使用されます。

RDSなしのWindowsアプリケーションの公開

GO-Globalは、Microsoftリモートデスクトップサービス(RDS)や Remote Desktop Protocol (RDP)を公開する必要のない唯一の Windowsアプリケーション発行ツールです。代わりに、GO-Globalは、マルチセッションカーネル、リモートデスクトップクライアント、ディスプレイドライバ、プロトコル、インターネットゲートウェイ、管理ツールなどのRDS機能を完全に置き換え、Windowsおよびユーザーライセンスコストを排除します。

独自のWindowsアプリケーションをOCIから公開し、すべてのユーザーが使用できるようにするユースケースを検討しています。最初のステップは、OCIでInfrastructure-as-a-Service (IaaS)を作成することです。

GraphOnのアーキテクチャに従って、次の項目が必要になります。

- リレー・サーバー(ゲートウェイとも呼ばれる): リレー・サーバーは、受信ユーザーのロード・バランシングに役立ちます。このようにして、2台以上のサーバーでは、アプリケーションのマシン上に高可用性とユーザーの分散を実現できます。これにより、ユーザーはキュー内で長時間待機する必要がなくなります。

- ライセンス・ホスト: シンプルで高可用性の代替手段であり、特定のサーバーを必要とするライセンス・コードや、ライセンスの引換え、ホストまたはアップグレードが不要になります。管理者は、ホストでアクティブ化ウィザードを実行し、GraphOnアカウントにログインして、コンピュータで使用するライセンスを選択できます。

次の表では、GO-GlobalサーバーでのRAMメモリーの推定消費量を確認できます。

| サービス・プロセス | 実行ファイル | 割当てメモリー(MB) |

|---|---|---|

| アプリケーション公開サービス(サーバーごとに1つのインスタンス) | Aps.exe | 15 |

| ライセンス・サービス(サーバーごとに1つのインスタンス) | Lmgrd.exe | 2 |

| ライセンス・インタフェース(サーバーごとに1つのインスタンス) | blm.exe | 2 |

| プログラム・ウィンドウ(サーバーごとに1つのインスタンス) | pw.exe | 3 |

| ログオン・グラフィカル認証(サーバーごとに1つのインスタンス) | logon.exe | 2 |

| リモート・クリップボード(サーバーごとに1つのインスタンス) | remoteClipboard.exe | 2 |

| クライアント・サービスの更新(サーバーごとに1つのインスタンス) | uc.exe | 2 |

| Microsoft Word(15ユーザー) | Winword.exe | 25 |

- GO-Globalサービスによって消費された合計メモリー(Aps.exe、Lmgrd.exe、uc.exe): 19MB (サーバー)

- 合計メモリー使用量(セッション当たりのプロセス): 34MB * 15ユーザー= 510MB (ユーザー) + 19MB (サーバー) = 529MB

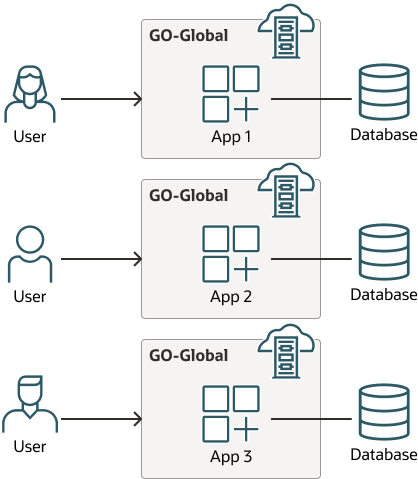

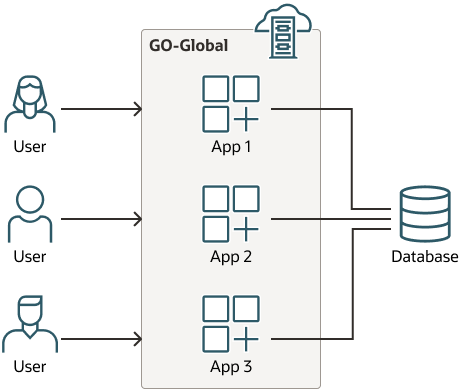

GO-Globalアプリケーション・サーバーは、次の図に示すように、シングルテナントまたはマルチテナントとして設計できます。

GO-Globalシングルテナント環境

go-global-single-tenant-oracle.zip

GO-Globalのマルチテナント環境

go-global-multi-tenant-oracle.zip

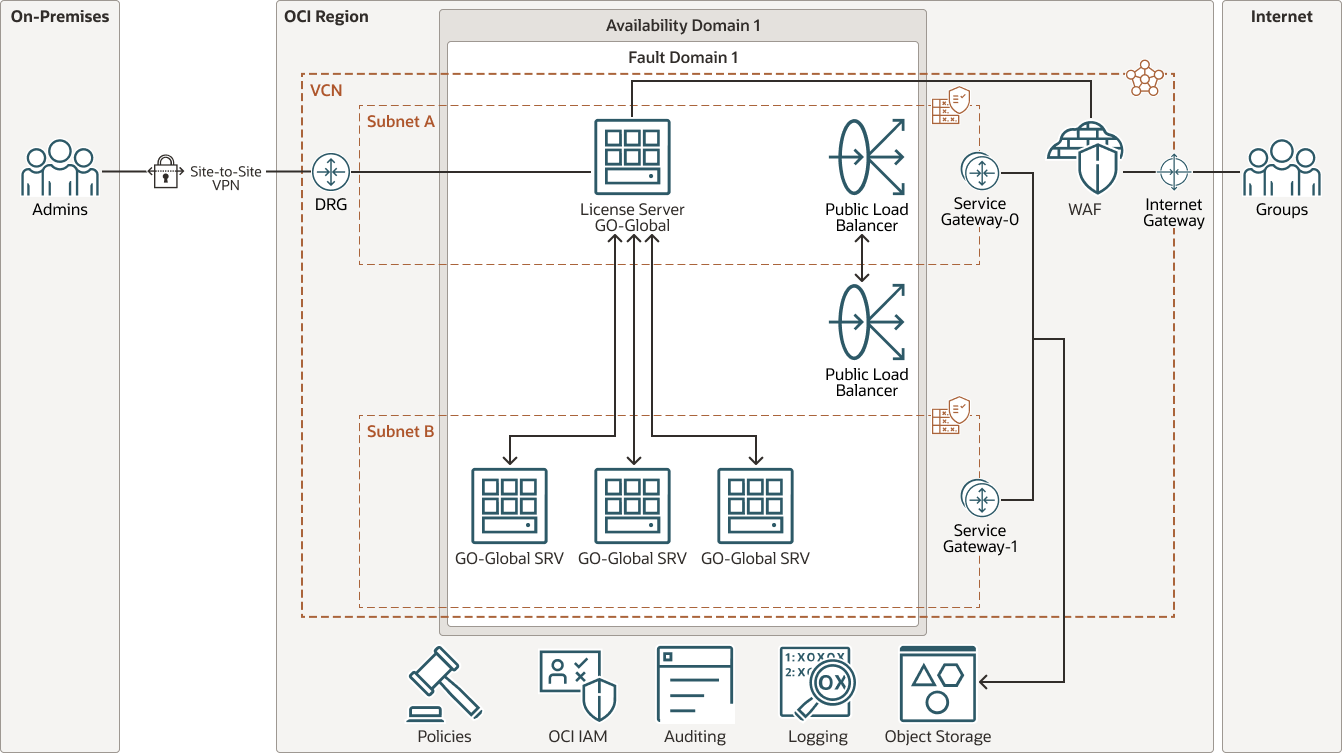

このユースケースでは、単一のWindowsアプリケーションにマルチテナント環境を使用しています。次の図は、このリファレンス・アーキテクチャを示しています。

oci-go-global-virtual-app oracle.zip

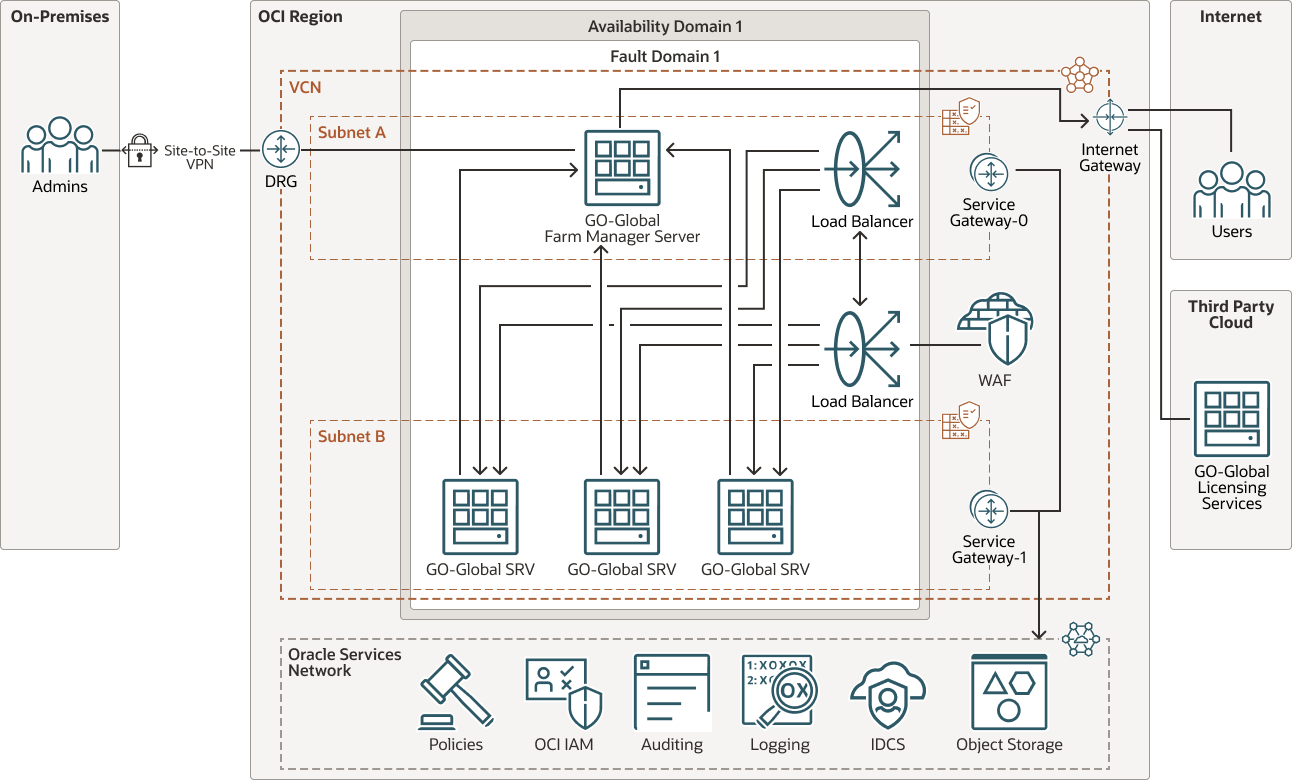

次の図は、GO-Global Cloud Licensing Serviceを使用したOCI上のGO-Globalアーキテクチャの例を示しています。

oci-go-global-virtual-app-licensing-oracle.zip

このアーキテクチャには、次のコンポーネントがあります。

- Tenancy

テナンシは、Oracle Cloud Infrastructureのサインアップ時にOracle Cloud内でOracleによって設定される、セキュアで分離されたパーティションです。テナンシ内のOracle Cloudでリソースを作成、編成および管理できます。テナンシは、会社または組織と同義です。通常、会社は1つのテナンシを持ち、そのテナンシ内の組織構造を反映します。通常、1つのテナンシは1つのサブスクリプションに関連付けられ、1つのサブスクリプションには通常、1つのテナンシのみが含まれます。

- リージョン

Oracle Cloud Infrastructureリージョンとは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含む、ローカライズされた地理的領域です。リージョンは他のリージョンから独立し、長距離の場合は(複数の国または大陸にまたがって)分離できます。

- 可用性ドメイン

可用性ドメインは、リージョン内の独立したスタンドアロン・データ・センターです。各可用性ドメイン内の物理リソースは、他の可用性ドメイン内のリソースから分離されているため、フォルト・トレランスが提供されます。可用性ドメインどうしは、電力や冷却、内部可用性ドメイン・ネットワークなどのインフラを共有しません。そのため、ある可用性ドメインでの障害は、リージョン内の他の可用性ドメインには影響しません。

- フォルト・ドメイン

フォルト・ドメインは、可用性ドメイン内のハードウェアおよびインフラストラクチャのグループです。各アベイラビリティ・ドメインに3つのフォルト・ドメインがあり、電源とハードウェアは独立しています。複数のフォルト・ドメインにリソースを分散する場合、アプリケーションは、物理サーバーの障害、システム・メンテナンスおよびフォルト・ドメイン内の電源障害を許容できます。

- 仮想クラウド・ネットワーク(VCN)およびサブネット

VCNは、Oracle Cloud Infrastructureリージョンで設定する、カスタマイズ可能なソフトウェア定義のネットワークです。従来のデータ・センター・ネットワークと同様に、VCNsではネットワーク環境を制御できます。VCNには重複しない複数のCIDRブロックを含めることができ、VCNの作成後にそれらを変更できます。VCNをサブネットにセグメント化して、そのスコープをリージョンまたは可用性ドメインに設定できます。各サブネットは、VCN内の他のサブネットと重複しない連続した範囲のアドレスで構成されます。サブネットのサイズは、作成後に変更できます。サブネットはパブリックにもプライベートにもできます。

- ロード・バランサ

Oracle Cloud Infrastructure Load Balancingサービスは、単一のエントリ・ポイントからバックエンドの複数のサーバーへの自動トラフィック分散を提供します。

- セキュリティ・リスト

サブネットごとに、サブネット内外で許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- サービス・ゲートウェイ

サービス・ゲートウェイは、VCNからOracle Cloud Infrastructure Object Storageなどの他のサービスへのアクセスを提供します。The traffic from the VCN to the Oracle service travels over the Oracle network fabric and does not traverse the internet.

- オブジェクト・ストレージ

Oracle Cloud Infrastructure Object Storageでは、データベースのバックアップ、分析データ、イメージやビデオなどのリッチ・コンテンツなど、あらゆるコンテンツ・タイプの構造化データおよび非構造化データにすばやくアクセスできます。インターネットから直接またはクラウド・プラットフォーム内から、安全かつセキュアにデータを格納し、取得できます。パフォーマンスやサービスの信頼性を低下させることなく、ストレージを拡張できます。迅速、即時、頻繁にアクセスする必要があるホット・ストレージには、標準ストレージを使用します。長期間保持し、ほとんどまたはほとんどアクセスしないコールド・ストレージには、アーカイブ・ストレージを使用します。

- 動的ルーティング・ゲートウェイ(DRG)

The DRG is a virtual router that provides a path for private network traffic between VCNs in the same region, between a VCN and a network outside the region, such as a VCN in another Oracle Cloud Infrastructure region, an on-premises network, or a network in another cloud provider.

- 仮想マシン(VM)

仮想マシン(VM)は、物理的なベア・メタル・ハードウェアの上位で稼働する、独立したコンピューティング環境です。仮想化により、相互に分離された複数のVMを実行できます。VMは、物理マシン全体のパフォーマンスとリソース(CPU、メモリー、ネットワーク帯域幅、ストレージ)を必要としないアプリケーションの実行に最適です。Oracle Cloud Infrastructure VMのコンピュート・インスタンスは、ベア・メタル・インスタンスと同じハードウェア上で動作し、クラウド最適化と同じハードウェア、ファームウェア、ソフトウェア・スタックおよびネットワーク・インフラストラクチャを利用します。

- ブロック・ボリューム

Oracle Cloud Infrastructure Block Volumesでは、ストレージ・ボリュームを作成、アタッチ、接続および移動し、ボリューム・パフォーマンスを変更して、ストレージ、パフォーマンスおよびアプリケーションの要件を満たすことができます。ボリュームをインスタンスにアタッチおよび接続した後は、そのボリュームを通常のハード・ドライブのように使用できます。また、データを失うことなく、ボリュームを切断して別のインスタンスにアタッチすることもできます。

レコメンデーション

- VCN

VCNを作成するときには、必要なCIDRブロックの数を決定し、VCN内のサブネットにアタッチする予定のリソースの数に基づいて各ブロックのサイズを決定します。標準のプライベートIPアドレス領域内にあるCIDRブロックを使用します。

プライベート接続を設定する他のネットワーク(Oracle Cloud Infrastructure、オンプレミス・データ・センターまたは別のクラウド・プロバイダ)と重複しないCIDRブロックを選択します。

VCNを作成した後、そのCIDRブロックを変更、追加および削除できます。

サブネットを設計するときには、トラフィック・フローおよびセキュリティ要件を考慮してください。特定の層またはロール内のすべてのリソースを、セキュリティ境界として機能できる同じサブネットにアタッチします。

- セキュリティ

Oracle Cloud Guardを使用して、Oracle Cloud Infrastructure内のリソースのセキュリティを事前にモニターおよびメンテナンスします。クラウド・ガードでは、定義できるディテクタ・レシピを使用して、リソースにセキュリティの弱点がないか確認し、オペレータおよびユーザーにリスクのあるアクティビティがないか監視します。構成の誤りやセキュアでないアクティビティが検出されると、クラウド・ガードは修正アクションを推奨し、ユーザーが定義できるレスポンダ・レシピに基づいてそれらのアクションの実行を支援します。

最大限のセキュリティーを必要とするリソースの場合、Oracleではセキュリティーゾーンを使用することをお勧めします。セキュリティ・ゾーンは、ベスト・プラクティスに基づくセキュリティ・ポリシーのOracle定義レシピに関連付けられたコンパートメントです。たとえば、セキュリティ・ゾーン内のリソースにパブリック・インターネットからアクセスできず、顧客管理キーを使用して暗号化する必要があります。リソースをセキュリティ・ゾーンで作成および更新すると、Oracle Cloud Infrastructureでは、その操作がセキュリティ・ゾーン・レシピのポリシーに対して検証され、ポリシーに違反する操作が拒否されます。

- クラウド・ガード

Oracleが提供するデフォルトのレシピをクローニングおよびカスタマイズして、カスタム・ディテクタおよびレスポンダ・レシピを作成します。これらのレシピを使用すると、警告を生成するセキュリティ違反のタイプ、およびそれらに対して実行を許可するアクションを指定できます。たとえば、可視性がpublicに設定されているオブジェクト・ストレージ・バケットを検出できます。

クラウド・ガードをテナンシ・レベルで適用して、最も広い範囲をカバーし、複数の構成を維持する管理上の負担を軽減します。

管理対象リスト機能を使用して、特定の構成をディテクタに適用することもできます。

- セキュリティ・ゾーン

最大限のセキュリティーを必要とするリソースの場合、Oracleではセキュリティーゾーンを使用することをお勧めします。セキュリティ・ゾーンは、ベスト・プラクティスに基づくセキュリティ・ポリシーのOracle定義レシピに関連付けられたコンパートメントです。たとえば、セキュリティ・ゾーン内のリソースにパブリック・インターネットからアクセスできず、顧客管理キーを使用して暗号化する必要があります。セキュリティ・ゾーンでリソースを作成および更新すると、Oracle Cloud Infrastructureでは、セキュリティ・ゾーン・レシピのポリシーに対して操作が検証され、ポリシーに違反する操作が拒否されます。

- ネットワーク・セキュリティ・グループ(NSG)

NSGを使用して、特定のVNICに適用されるイングレスおよびエグレス・ルールのセットを定義できます。NSGでは、VCNのサブネット・アーキテクチャをアプリケーションのセキュリティ要件から分離できるため、セキュリティ・リストではなくNSGを使用することをお薦めします。

- ロード・バランサの帯域幅

ロード・バランサの作成時に、固定帯域幅を提供する事前定義済のシェイプを選択するか、帯域幅範囲を設定するカスタム(フレキシブル)シェイプを指定して、トラフィック・パターンに基づいて帯域幅を自動的にスケーリングできます。どちらの方法でも、ロード・バランサの作成後にいつでもシェイプを変更できます。

考慮事項

このリファレンス・アーキテクチャをデプロイする場合は、次の点を考慮してください。

- パフォーマンス

Depending on the amount of data, you can use Oracle Cloud Infrastructure FastConnect or IPSec VPN to manage costs.

- セキュリティ

デフォルトでは、Oracle Cloudは、Oracle Cloud Infrastructure Object Storageバケットに格納されているすべてのオブジェクトの暗号化を提供します。セキュリティを強化するために、顧客管理キーを使用してこれらのオブジェクトを暗号化することを選択できます。

- 可用性

Object Storageは高可用性です。ただし、リージョン間のレプリケーションを構成して、まれにリージョン間の停止から保護することもできます。

- コスト

価格は、同時アクセスのユーザー数に応じて異なる場合があります。これは、プロビジョニングされるインフラストラクチャのコストおよびGO-Globalライセンスの数に直接影響するためです。