PayPal: Oracle CloudでのEssbaseおよびアナリティクス・デプロイメント

財務計画および分析システムを最新化し、「データ・センター・ビジネスから自社を取り除く」オンライン決済プラットフォームであるPayPalで、オンプレミスのHyperion EssbaseアプリケーションをOracle Cloud Infrastructure (OCI)に移行しました。

PayPalでは、Oracle Analytics Cloudもデプロイして、Essbaseユーザー用の視覚化ツール、Essbaseスキーマを記録するためのOracle Autonomous Transaction Processingデータベースおよびユーザー・アクセスを管理するためのOracle Cloud Infrastructure Identity and Access Managementを提供しています。

PayPalの財務チームは、Oracle Cloudに移行して以来、予測アナリティクスの実行、What-ifシナリオのモデル化、高度なアドホック・レポートのオンデマンド作成、30%を超えるデータのロードと取得、計算スクリプトを50%高速で実行し、オンプレミスの21台のサーバーを10クラウド・サーバーに縮小できます。

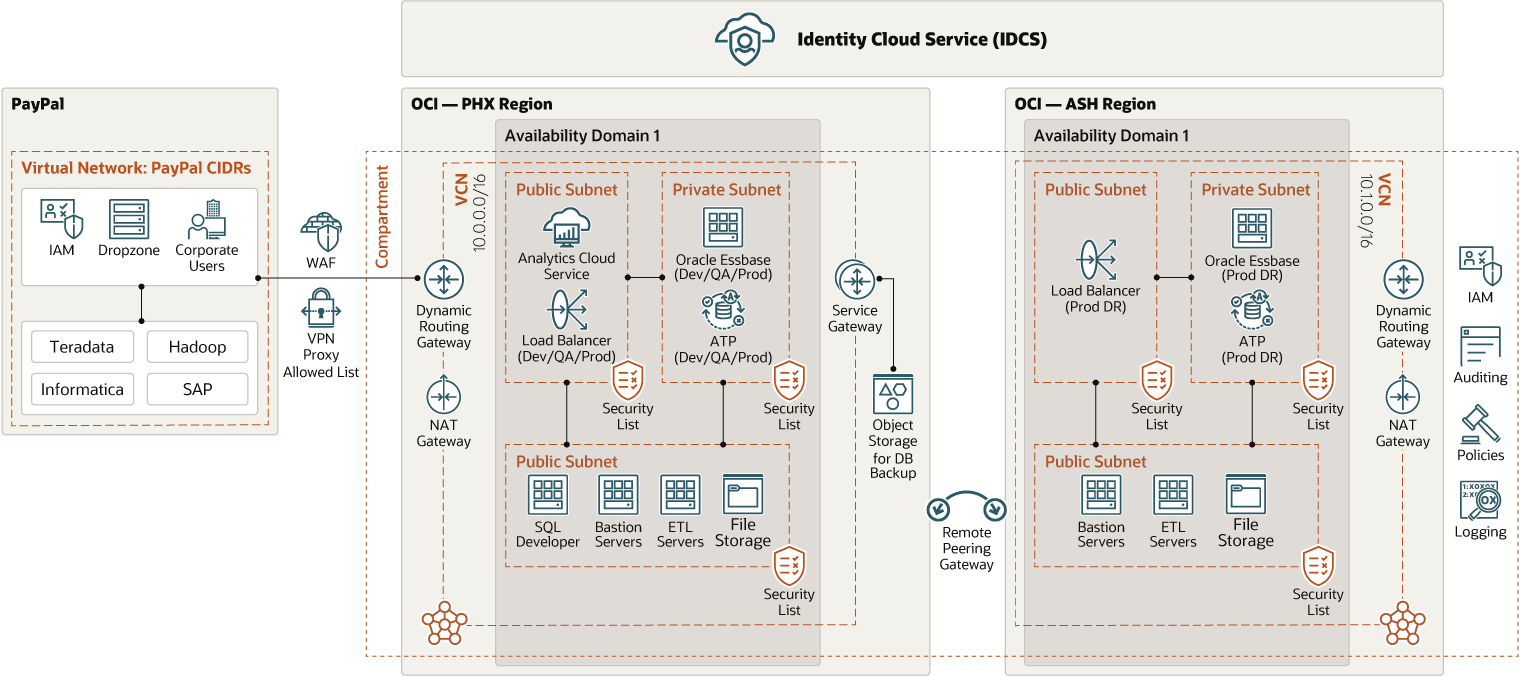

アーキテクチャ

PayPalは、米国フェニックスのOracle Cloudリージョンとそのディザスタ・リカバリ環境のプライマリ本番環境を米国アッシュバーンのOracle Cloudリージョンで実行します。

プライマリとディザスタ・リカバリの両方の環境は、リモート・ピアリング接続を使用して通信します。これにより、ネットワーク・トラフィックが2つの環境間で迅速に流れるようになります。PayPalは、VPN FastConnectを介して、内部ネットワークとの間のすべてのネットワーク・トラフィックを送信します。

PayPalの開発と品質保証(QA)環境は本番環境と同じ仮想クラウド・ネットワーク(VCN)およびサブネットに存在しますが、開発環境にアクセスできるのは開発者のみです。Oracle SQL Developerインスタンスは、Oracle Essbaseスキーマを格納するOracle Autonomous Transaction Processing (ATP)インスタンスを問い合せます。プライマリATP本番インスタンスには、サービス・ゲートウェイを介してオブジェクト・ストレージへのバックアップがあります。

DropZoneを使用すると、PayPalは、自宅のSecure-FTPサーバーを使用して、オンプレミスのデータ・ウェアハウスからOracle Cloud Infrastructure (OCI)内のEssbaseにデータを転送し、すべてのデータ転送の監査、暗号化の確認およびロギングを行います。Essbaseユーザーは、OCIネットワークで提供されるサービスに接続でき、Oracle Analytics Cloudを使用してセルフサービス・ビジュアライゼーションを実行できます。Oracle Cloud Infrastructure File Storageは、すべてのアプリケーションおよび要塞サーバー間で共有されます。

次の図は、この参照アーキテクチャを示しています。

paypal-essbase-oac-oci-oracle.zip

各OCIリージョンの実装は、それぞれ独自のVCNを持つ個別のコンパートメントに属します。本番VCNとフェイルオーバーVCNは、動的ルーティング・ゲートウェイ(DRG)を使用してリモート・ピアリングによって接続されます。

各VCNには3つのサブネットがあります。

- パブリック・サブネット1には、Oracle Cloud Infrastructure Load BalancingおよびOracle Analytics Cloud (OAC)が含まれます。OACはプライマリVCNでのみ実行されています。

- パブリック・サブネット2は、要塞サーバー、ETLサーバー、Oracle Cloud Infrastructure File StorageおよびOracle SQL Developerサーバーが実行されている場所です。Oracle SQL DeveloperサーバーはプライマリVCNでのみ実行されています。

- プライベート・サブネット1は、PayPalがEssbaseサーバーを実行し、Oracle Autonomous Transaction Processing (ATP)データベースが両方とも障害回復(DR)サイトにレプリケートされる場所です。

PayPalのアーキテクチャの中央には、Oracle Identity Cloud Service (IDCS)があり、OCIフットプリント全体のセキュリティ、ロール、アクセスおよびアプリケーション割当てを管理します。

- セキュリティ実装には、IP許可リスト、Oracle Cloud Infrastructure Web Application Firewall、Oracle IDCSグループ、IDCSアプリケーション、およびEssbaseキューブ・レベルでのフィルタ処理が含まれます。

-

IP許可リストは、PayPalネットワークに接続しているユーザーのみがアプリケーションにアクセスできるように、設計の重要な部分です。

- PayPalの本番環境にはSSOを介してのみアクセスでき、各サブネットには独自のIP許可リストがあります。

- 監査は、ロールおよびコントロールを検証するために毎月実行されます。ジョブが変更されると、イベントによってユーザーがトリガーされ、ロールおよびアクセスが新しいジョブに引き続き適用されているかどうかが確認されます。

アーキテクチャには次のコンポーネントがあります。

- リージョン

Oracle Cloud Infrastructureリージョンは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含むローカライズされた地理的領域です。地方は他の地域から独立し、たくさんの距離(国や大陸など)を分けることができます。

- コンパートメント

コンパートメントは、Oracle Cloud Infrastructureテナンシ内のリージョン間論理パーティションです。コンパートメントを使用して、Oracle Cloudでリソースを編成し、リソースへのアクセスを制御し、使用割当てを設定します。特定のコンパートメント内のリソースへのアクセスを制御するには、誰がリソースにアクセスできるか、および誰が実行できるアクションを指定するポリシーを定義します。

- アイデンティティおよびアクセス管理(IAM)

Oracle Cloud Infrastructure Identity and Access Management (IAM)では、Oracle Cloud Infrastructureでリソースにアクセスできるユーザーおよびそれらのリソースで実行できる操作を制御できます。

- 監視

Oracle Cloud Infrastructure Monitoringサービスは、メトリックを使用してクラウド・リソースをアクティブおよびパッシブに監視し、これらのメトリックがアラーム指定トリガーを満たしたときに通知するリソースおよびアラームをモニターします。

- 可用性ドメイン

アベイラビリティ・ドメインは、リージョン内のスタンドアロンで独立したデータ・センターです。各可用性ドメインの物理リソースは、フォルト・トレランスを提供する他の可用性ドメインのリソースから分離されます。アベイラビリティ・ドメインは電源や冷却、内部アベイラビリティ・ドメイン・ネットワークなどのインフラを共有しません。そのため、1つの可用性ドメインで障害が発生しても、リージョン内の他の可用性ドメインには影響しません。

- フォルト・ドメイン

フォルト・ドメインは、可用性ドメイン内のハードウェアおよびインフラのグループです。アベイラビリティ・ドメインごとに3つのフォルト・ドメインがあり、独立した電源とハードウェアです。複数のフォルト・ドメインにリソースを分散する場合、アプリケーションは、物理サーバーの障害、システムのメンテナンス、およびフォルト・ドメイン内の電源障害を許容できます。

- Webアプリケーション・ファイアウォール(WAF)

Oracle Cloud Infrastructure Web Application Firewall (WAF)は、ロード・バランサやWebアプリケーション・ドメイン名などの強制ポイントにアタッチされた、PCI (PCI)準拠の地域ベースおよびエッジ強制サービスです。WAFは、悪意のある不要なインターネット・トラフィックからアプリケーションを保護します。WAFは、インターネット接続エンドポイントを保護することで、顧客のアプリケーションに対する一貫したルール適用を実現できます。

- 仮想クラウド・ネットワーク(VCN)およびサブネット

VCNは、Oracle Cloud Infrastructureリージョンで設定する、カスタマイズ可能なソフトウェアで定義されたネットワークです。従来のデータ・センター・ネットワークと同様に、VCNではネットワーク環境を完全に制御できます。VCNには複数の重複しないCIDRブロックを含めることができ、VCNの作成後に変更できます。VCNをサブネットに分割できます。サブネットはリージョンまたは可用性ドメインにスコープ指定できます。各サブネットは、VCN内の他のサブネットと重複しない連続した範囲のアドレスで構成されます。サブネットのサイズは、作成後に変更できます。サブネットはパブリックまたはプライベートにできます。

- セキュリティ・リスト

サブネットごとに、サブネットとの間で送受信を許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- VPN接続

VPN接続では、オンプレミス・ネットワークとOracle Cloud Infrastructure内のVCN間にサイト間IPSec VPN接続が提供されます。IPSecプロトコル・スイートは、パケットがソースから宛先に転送される前にIPトラフィックを暗号化し、到着時にトラフィックを復号化します。

- ネットワーク・アドレス変換(NAT)ゲートウェイ

NATゲートウェイを使用すると、VCN内のプライベート・リソースは、着信インターネット接続にそれらのリソースを公開せずに、インターネット上のホストにアクセスできます。

- サービス・ゲートウェイ

サービス・ゲートウェイは、VCNからOracle Cloud Infrastructure Object Storageなどの他のサービスへのアクセスを提供します。VCNからOracleサービスへのトラフィックは、Oracleネットワーク・ファブリック上に移動し、インターネットを通過することはありません。

- 動的ルーティング・ゲートウェイ(DRG)

DRGは、VCNとリージョン外のネットワーク(別のOracle Cloud Infrastructureリージョン内のVCN、オンプレミス・ネットワークまたは別のクラウド・プロバイダ内のネットワークなど)間のプライベート・ネットワーク・トラフィックのパスを提供する仮想ルーターです。

- リモート・ピアリング

リモート・ピアリングを使用すると、仮想Nのリソースは、インターネットを介してまたはオンプレミス・ネットワークを介してトラフィックをルーティングすることなく、プライベートIPアドレスを使用して通信できます。リモート・ピアリングにより、異なるリージョン内の他のVCNと通信する必要があるインスタンスに対してインターネット・ゲートウェイおよびパブリックIPアドレスが不要になります。

- コンピュート

Oracle Cloud Infrastructure Computeサービスを使用すると、クラウド内のコンピュート・ホストをプロビジョニングおよび管理できます。CPU、メモリー、ネットワーク帯域幅およびストレージのリソース要件を満たすシェイプを使用してコンピュート・インスタンスを起動できます。コンピュート・インスタンスの作成後、セキュアにアクセスしたり、再起動したり、ボリュームのアタッチとデタッチを行ったり、不要になったら終了したりできます。

- Bastionホスト

要塞ホストは、クラウド外のトポロジに対する安全で制御されたエントリ・ポイントとして機能するコンピュート・インスタンスです。要塞ホストは、通常、非武装ゾーン(DMZ)でプロビジョニングされます。クラウドの外部から直接アクセスできないプライベート・ネットワークに機密リソースを配置することで、機密リソースを保護できます。トポロジには、定期的に監視および監査できる単一の既知のエントリ・ポイントがあります。そのため、トポロジへのアクセスを損なうことなく、より機密性の高いコンポーネントの表示を回避できます。

- ロード・バランサ

Oracle Cloud Infrastructure Load Balancingサービスは、1つのエントリ・ポイントからバックエンド内の複数のサーバーへの自動トラフィック分散を提供します。

- オブジェクト・ストレージ

オブジェクト・ストレージは、データベースのバックアップ、分析データ、イメージやビデオなどの豊富なコンテンツなど、あらゆるコンテンツ・タイプの構造化および非構造化データにすばやくアクセスできます。インターネットから直接またはクラウド・プラットフォームから、安全かつセキュアにデータを格納し、取得できます。パフォーマンスやサービスの信頼性が低下することなく、ストレージをシームレスにスケーリングできます。迅速、即時、頻繁にアクセスするために必要な「ホット」ストレージには、標準ストレージを使用します。長期間保持し、ほとんどアクセスできない「コールド」ストレージのアーカイブ・ストレージを使用します。

- ファイル・ストレージ

Oracle Cloud Infrastructure File Storage Serviceでは、永続的でスケーラブルなセキュアなエンタープライズ規模のネットワーク・ファイル・システムを提供します。VCNのベア・メタル、仮想マシンまたはコンテナ・インスタンスからファイル・ストレージ・サービスのファイル・システムに接続できます。Oracle Cloud Infrastructure FastConnectおよびIPSec VPNを使用して、VCNの外部からファイル・システムにアクセスすることもできます。

- 「アナリティクス」

Oracle Analytics Cloudは、拡張性と安全性に優れたパブリック・クラウド・サービスであり、データ準備、ビジュアライゼーション、エンタープライズ・レポート、拡張分析および自然な言語処理と生成のための最新のAI搭載のセルフサービス・アナリティクス機能を使用して、ビジネス・アナリストを強化します。Oracle Analytics Cloudには、迅速な設定、容易なスケーリングとパッチ適用、自動ライフサイクル管理などの柔軟なサービス管理機能もあります。

- 自律型トランザクション処理

Oracle Autonomous Transaction Processingは、トランザクション処理ワークロード用に最適化された、自動運転、自己保護および自己修復が可能なデータベース・サービスです。ハードウェアの構成や管理、ソフトウェアのインストールを行う必要はありません。Oracle Cloud Infrastructureでは、データベースの作成、およびデータベースのバックアップ、パッチ適用、アップグレードおよびチューニングを処理します。

構築およびデプロイ済の特長

Oracle Cloud Infrastructureで構築した内容を表示しますか。学習したレッスン、ベスト・プラクティス、リファレンス・アーキテクチャを、オラクルのクラウド・アーキテクトのグローバル・コミュニティと共有 気にしませんか?開始するのを手伝ってあげましょう。

- テンプレートをダウンロードする(PPTX)

アイコンをサンプル ワイヤフレームにドラッグ アンド ドロップして、独自のリファレンス アーキテクチャを示します。

- アーキテクチャのチュートリアルを見る

参照アーキテクチャの作成方法に関するステップ・バイ・ステップの手順を取得します。

- ダイアグラムの発行

ダイアグラム付きのEメールを送信します。オラクルのクラウド・アーキテクトが図を確認し、お客様のアーキテクチャについてお話しします。