起動時のコンプライアンス:事前査定Webアプリケーション

ほとんどの企業は、アプリケーションがISO 27001、AICPA SOC-2、PCI-DSSなどのセキュリティの一般的な国際標準に準拠していることを証明する必要があります。OCIでのデプロイ時に認証を取得するプロセスを合理化するために、これらの3つの標準をすべて満たすリファレンス・アーキテクチャを作成し、Schellman & Co -の主要な認定機関の1つである。

PCIに加えて、ワークロードがクライアントの情報を処理するために使用されるシステムのセキュリティ、可用性または処理の整合性、またはその情報の機密性またはプライバシに関連する制御の有効性に依存する場合は、システムを保護し、ISO 27001およびSOC-2に準拠した方法でデータ・セキュリティ・ポリシーを設計する必要があります。OracleのISO 27001およびSOC-2準拠のクラウド・インフラストラクチャ・サービスを使用して、Webアプリケーションを起動できます。また、このリファレンス・アーキテクチャの推奨事項に従って、クラウドで使用しているアプリケーションおよびワークロードに関して、ISO 27001およびSOCコンプライアンスをメンテナンスおよび管理できます。

このリファレンス アーキテクチャ の 導入 の 適性 評価 はSchellman & Company、LLC:独立 認定済み公的会計(CPA )機関 、 グローバル に ライセンス さ れ たPCI認定 認定 認定 者 、 およびISO認定 機関 により 実行 さ れ た 。

PCIコンプライアンス

PCI対応レポートにより、このアーキテクチャーを構成済みとして配備することがPCI-DSS、SOC-2、およびISO 27001の要件を満たしていることが検証されます。追加の推奨ステップの概要を示すロールと職責マトリックスは、GitHubでも入手できます。

ISO 27001準拠

ISO適性評価レポートでは、このアーキテクチャをISO 27001 Annex Aで定義されている制御要件を満たしていることを検証するとともに、各コントロール・アクティビティの特定の側面を実装してISO 27001 Annex Aと連携させるためにユーザー・エンティティ(顧客)の責任を識別するよう定めています。

SOC 2準拠

SOC 2レディネス・レポートでは、このアーキテクチャを「セキュリティ、可用性、処理整合性、機密性およびプライバシーに関する信頼サービス基準」(AICPA、Trustサービス基準)および「セキュリティ、可用性、機密性」の各カテゴリに規定されているセキュリティ、可用性、および機密性のカテゴリの条件に基づいて、ユーザー・エンティティ(顧客)サービスのコミットメントとシステム要件を満たすように構成される管理設計の適合性を満たすことを検証します。また、2017 TSPセクション100に規定されている「セキュリティ、可用性、処理整合性、機密性およびプライバシの信頼サービス基準」(AICPA、Trustサービス基準)と信頼サービス基準(ユーザー・エンティティ(顧客)の責任を識別して、ユーザー・エンティティ(顧客)の責任を識別します。

PCI、ISO 27001およびSOC準拠の環境を評価および構成し、本番システムの認証監査を完了する必要があります。

アーキテクチャ

このリファレンス・アーキテクチャは、PCI、ISO 27001およびSOC準拠のC互換のクックブックとTerraformモジュールを使用して、PCI、ISO 27001およびSOC準拠のWebアプリケーションを設定することで、組織がOCI上のデータのセキュリティをどのように強化できるかを示しています。

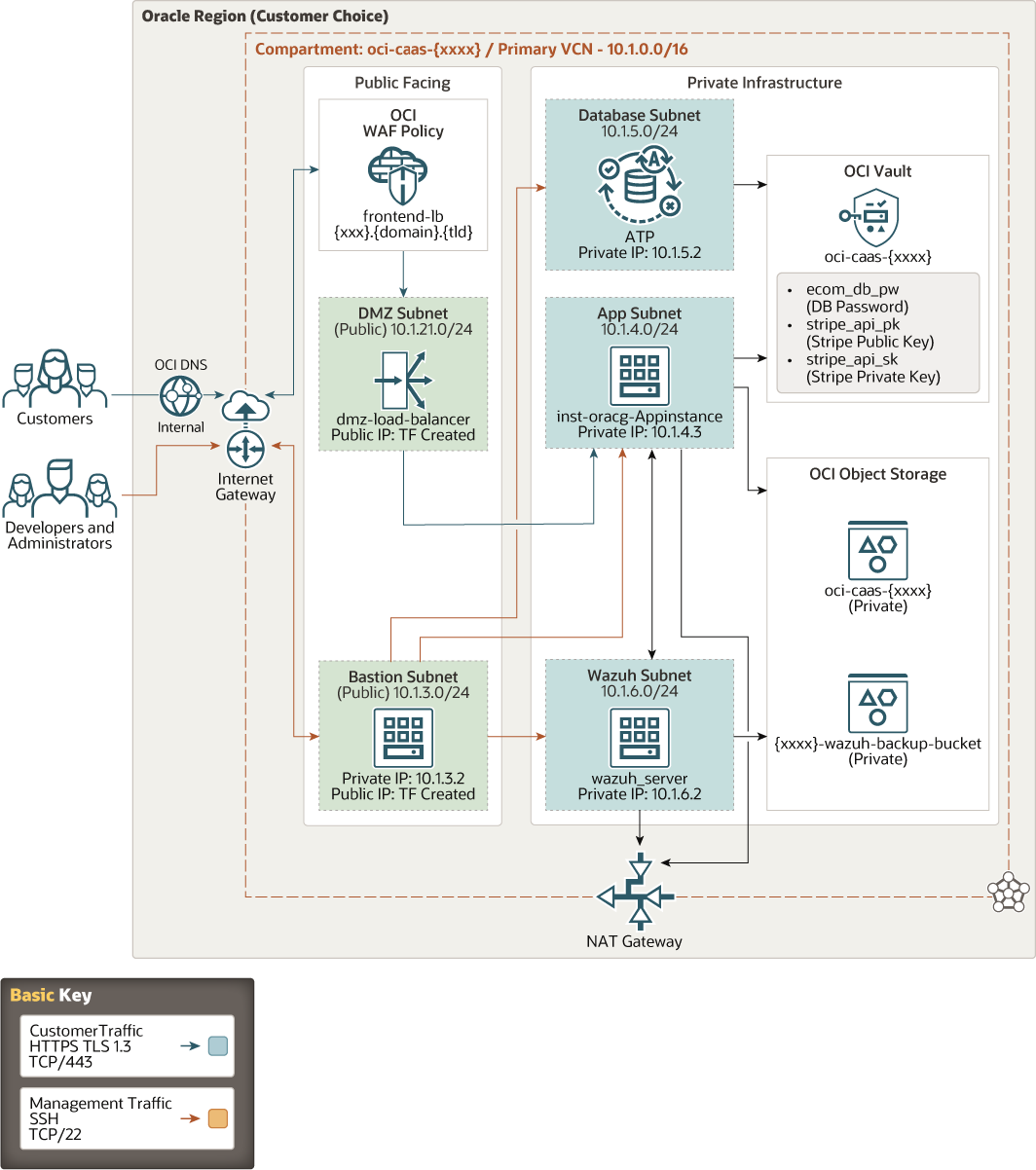

次の図は、この参照アーキテクチャを示しています。 図launch_pci_webapp_on_oci.pngの説明

図launch_pci_webapp_on_oci.pngの説明

このアーキテクチャには、インターネットへのセキュアなアクセスを提供するロード・バランサとNATゲートウェイが含まれています。ロード・バランサ、Apache Tomcatを使用するアプリケーション層およびOracle Autonomous Transaction Processingを使用するデータベース層は、異なるサブネットにあります。これらのサブネットには要塞ホストを介してアクセスできます。インターネットと要塞ホスト間のトラフィックは、インターネット・ゲートウェイを経由します。顧客は、インターネット・ゲートウェイを介してOCI Web Application Firewallおよびロード・バランサを介してプライベート・サブネット内のインスタンスにアクセスできます。ネットワーク・アドレス変換(NAT)ゲートウェイを使用すると、VCNのプライベート・サブネットにアタッチされているアプリケーションおよびWazuhインスタンスがパブリック・インターネットにアクセスできます。NATゲートウェイを介した接続は、パブリック・インターネットではなく、VCN内のリソースから開始できます。

このアーキテクチャには次のコンポーネントがあります。

- リージョン

Oracle Cloud Infrastructureリージョンは、可用性ドメインと呼ばれる1つ以上のデータ・センターを含む、ローカライズされた地理的領域です。リージョンは他のリージョンから独立しており、広く離れた距離(国間または大陸間)にすることができます。

- 可用性ドメイン

可用性ドメインは、リージョン内のスタンドアロンの独立したデータ・センターです。各可用性ドメインの物理リソースは、フォルト・トレランスを提供する他の可用性ドメインのリソースから分離されます。アベイラビリティ・ドメインは、電源や冷却などのインフラストラクチャや内部アベイラビリティ・ドメイン・ネットワークを共有しません。したがって、ある可用性ドメインで障害が発生しても、リージョン内の他の可用性ドメインには影響しません。

- フォルト・ドメイン

フォルト・ドメインは、可用性ドメイン内のハードウェアおよびインフラストラクチャのグループです。各可用性ドメインには、独立した電源とハードウェアを備えた3つのフォルト・ドメインがあります。リソースを複数の障害ドメインに分散する場合、アプリケーションは障害ドメイン内の物理サーバー障害、システム保守、および電源障害を許容できます。

- 仮想クラウド・ネットワーク(VCN)およびサブネット

VCNは、Oracle Cloud Infrastructureリージョンで設定するカスタマイズ可能なソフトウェア定義ネットワークです。従来のデータ・センター・ネットワークと同様に、VCNではネットワーク環境を完全に制御できます。VCNには、VCNの作成後に変更できる複数の重複しないCIDRブロックを含めることができます。VCNは、リージョンまたは可用性ドメインにスコープ指定できるサブネットにセグメント化できます。各サブネットは、VCN内の他のサブネットと重複しない連続したアドレス範囲で構成されます。作成後にサブネットのサイズを変更できます。サブネットはパブリックまたはプライベートにできます。

- セキュリティ・リスト

サブネットごとに、サブネットの内外で許可する必要があるトラフィックのソース、宛先およびタイプを指定するセキュリティ・ルールを作成できます。

- 要塞ホスト

要塞ホストは、クラウド外部からトポロジへのセキュアで制御されたエントリ・ポイントとして機能するコンピュート・インスタンスです。要塞ホストは通常、非武装地帯(DMZ)でプロビジョニングされます。これにより、クラウドの外部から直接アクセスできないプライベート・ネットワークに機密リソースを配置することで、機密リソースを保護できます。トポロジには、定期的に監視および監査できる単一の既知のエントリ・ポイントがあります。そのため、トポロジのより機密性の高いコンポーネントへのアクセスを損なうことなく公開することを回避できます。

- Tomcatサーバー

Apache Tomcat ®は、オープン・ソースのJavaアプリケーション・サーバーです。Javaサーブレット、JavaServer Pages、Java式言語およびJava WebSocketテクノロジを実装します。Webアプリケーションはこのレイヤーに存在します。

- Autonomous Transaction Processing

Oracle Autonomous Transaction Processingは、トランザクション処理ワークロード用に最適化された自己駆動型の自己保護された自己修復データベース・サービスです。ハードウェアを構成または管理したり、ソフトウェアをインストールする必要はありません。Oracle Cloud Infrastructureは、データベースの作成と、データベースのバックアップ、パッチ適用、アップグレードおよびチューニングを処理します。

- WazuhサーバーWazuhは、脅威検出、整合性監視、インシデント・レスポンスおよびコンプライアンスを提供するための、無料のオープン・ソースおよびエンタープライズ対応のセキュリティ・モニタリング・ソリューションです。

- ホストベースの侵入検知

Wazuhエージェントはホスト・レベルで実行され、異常およびシグネチャ・ベースのテクノロジを組み合せて侵入やソフトウェアの誤用を検出します。また、ユーザー・アクティビティの監視、システム構成の評価および脆弱性の検出にも使用できます。

- 包括的なSIEMソリューション

Wazuhは、データの収集、分析および相関付けに使用され、脅威検出、コンプライアンス管理およびインシデント・レスポンス機能を提供します。オンプレミスまたはハイブリッドおよびクラウド環境にデプロイできます。

- ホストベースの侵入検知

- オブジェクト・ストレージ

オブジェクト・ストレージを使用すると、データベース・バックアップ、分析データ、イメージやビデオなどのリッチ・コンテンツを含む、あらゆるコンテンツ・タイプの大量の構造化データおよび非構造化データにすばやくアクセスできます。迅速かつ頻繁にアクセスする必要がある「ホット」ストレージには、標準ストレージを使用します。長期間保持し、ほとんどまたはほとんどアクセスしないコールド・ストレージには、アーカイブ・ストレージを使用します。

- ボールト

Oracle Cloud Infrastructure Vaultでは、クラウド内のリソースへのアクセスを保護するために使用するデータおよびシークレット資格証明を保護する暗号化キーを集中管理できます。

- Webアプリケーション・ファイアウォール

Oracle Cloud Infrastructure Web Application Firewall (WAF)は、クラウドベースのPCI (Payment Card Industry)準拠のグローバル・セキュリティ・サービスで、悪意のある不要なインターネット・トラフィックからアプリケーションを保護します。WAFでは、インターネットに直接接続された任意のエンドポイントを保護し、顧客のアプリケーション間で一貫したルール強制を提供できます。

- DNS

Oracle Cloud Infrastructureドメイン・ネーム・システム(DNS)サービスを使用すると、DNSゾーンを作成および管理できます。ゾーンを作成し、レコードをゾーンに追加し、Oracle Cloud Infrastructureのエッジ・ネットワークでドメインのDNS問合せを処理できます。

- SSL証明書

SSL証明書は、暗号化を使用して作成され、Webアプリケーション・ファイアウォールにデプロイされます。

お薦め

- VCN

VCNを作成する場合は、VCNのサブネットにアタッチする予定のリソースの数に基づいて、必要なCIDRブロックの数と各ブロックのサイズを決定します。標準のプライベートIPアドレス空間内にあるCIDRブロックを使用します。

プライベート接続を設定する他のネットワーク(Oracle Cloud Infrastructure、オンプレミス・データ・センターまたは別のクラウド・プロバイダ内)と重複しないCIDRブロックを選択します。

VCNの作成後、CIDRブロックを変更、追加および削除できます。

サブネットを設計する場合は、トラフィック・フローとセキュリティ要件を考慮してください。特定の層またはロール内のすべてのリソースを、セキュリティ境界として機能する同じサブネットにアタッチします。

- ネットワーク接続性

管理者が環境を管理できるようにするために、サイト間のIPSec VPN接続または専用のFastConnect回線を使用して、クラウド・トポロジを既存のオンプレミス・インフラストラクチャに接続できます。

クラウド・トポロジをオンプレミス・インフラストラクチャから分離する必要がある場合は、ベース・ホストをデプロイして、プライベート・サブネット内のリソースへの管理アクセスを保護できます。

注意事項

この参照アーキテクチャをデプロイする際は、次の点を考慮してください。

- パフォーマンス

この参照アーキテクチャは、最初にApache Tomcatを実行している単一の仮想マシンをデプロイします。アプリケーションの要件に基づいて、適切なロード・メトリックに基づいて追加のホストをスピンアップするように自動スケーリング・ルールを変更する必要があります。

- セキュリティ

ポリシーを使用して、会社が所有するOracle Cloud Infrastructureリソースにアクセスできるユーザーとその方法を制限します。オブジェクト・ストレージの場合、暗号化はデフォルトで有効になっており、無効にできません。

要塞ホスト(アーキテクチャに存在する場合)およびロード・バランサを除き、すべてのコンポーネントはプライベート・サブネットに配置する必要があります。

- 管理性

Terraformスクリプトは、事前構成済テナンシをデプロイします。これをテンプレートとして使用し、このインフラストラクチャを独自のコード・リポジトリのコードとして管理できます。

- 可用性

この参照アーキテクチャでは、Government Cloudレルム内のリージョンで使用できないサービスおよび構成を利用できます。

デプロイ

このリファレンス・アーキテクチャのTerraformコードは、GitHubで入手できます。Terraform CLIを使用して、GitHubからコンピュータにコードをダウンロードし、コードをカスタマイズし、アーキテクチャをデプロイできます。

- GitHubに移動します。

- リポジトリをローカル・コンピュータにクローニングまたはダウンロードします。

READMEドキュメントの指示に従います。