OCI GoldenGate 연결

배포에 연결

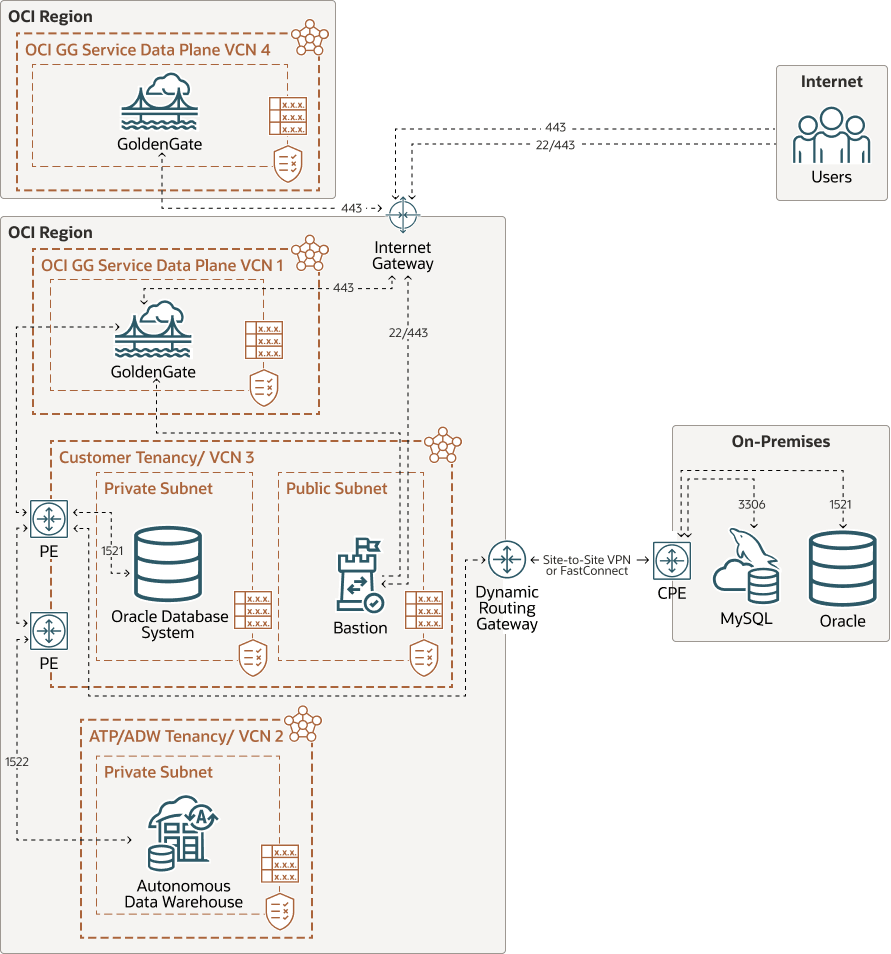

OCI(Oracle Cloud Infrastructure) GoldenGate 배포는 OCI의 보안 영역에 테넌시 외부에 위치하며 네트워크가 네트워크에 연결되지 않습니다. 배치를 생성할 때 배치를 위해 프라이빗 IP가 있는 프라이빗 끝점이 생성되는 프라이빗 서브넷을 선택해야 합니다. TCP 포트 443을 통해 이 전용 IP를 통해 GoldenGate 배치에 액세스할 수 있습니다.

기본적으로 OCI GoldenGate에 대한 모든 네트워크 연결은 배치의 콘솔 URL로 접속할 때 TLS로 암호화됩니다. 콘솔 URL의 도메인 이름이 선택한 VCN의 DNS 분석기에 배치의 프라이빗 IP로 등록됩니다.

선택적으로 GoldenGate 배치에 대한 퍼블릭 액세스를 사용으로 설정할 수 있습니다. 배치의 프라이빗 끝점과 동일한 VCN에서 퍼블릭 서브넷을 선택해야 하며 OCI GoldenGate는 선택된 서브넷에서 퍼블릭 IP를 가진 가변 로드 밸런서를 생성합니다. 자세한 내용은 배포 생성을 참조하십시오.

배포 콘솔을 통해 OCI GoldenGate 배포에 액세스할 수 있습니다. 배치 콘솔에 대한 연결은 포트 443을 통해 HTTPS를 통해 수행됩니다. OCI GoldenGate는 기본 포트 1521 또는 1522를 사용하여 Oracle 데이터베이스에 연결하고, 기본 포트 3306을 사용하여 MySQL 데이터베이스에 연결합니다. Big Data 대상의 경우 OCI GoldenGate는 포트 443을 사용하여 연결됩니다.

소스 및 대상에 연결

연결을 생성할 때는 트래픽 라우팅 방법을 지정해야 합니다. 다음 중 선택할 수 있습니다.

- 공유 끝점

- 기본 모드입니다. 접속은 지정된 배치의 프라이빗 끝점을 사용하여 데이터 소스 또는 대상에 접속합니다.

- 연결의 트래픽은 지정된 배치의 수신 IP에서 발생합니다. 연결을 만들고 배치에 지정할 수 있는 적절한 네트워크 정책이 있는지 확인합니다.

- 보안 규칙 및 VCN 라우팅 규칙을 사용하여 수신 IP에서 데이터 소스 또는 대상으로의 네트워크 연결을 보장합니다.

- 배치에 지정된 NSG(네트워크 보안 그룹)는 연결 트래픽에도 적용됩니다. NSG에 대해 자세히 알아보기.

- 동일한 배치에 지정된 모든 공유 연결은 동일한 네트워크 대역폭을 공유합니다.

- 전용 끝점:

- 접속에는 고유의 수신 IP가 있는 선택된 서브넷의 고유 전용 프라이빗 끝점이 있습니다. 이 연결의 트래픽은 이 두 IP 주소에서 발생합니다.

- 접속의 서브넷은 배치의 서브넷과 다른 VCN에 있을 수 있습니다.

- 여러 배치에서 동일한 전용 연결을 사용할 수 있습니다. 여러 배치가 동일한 전용 접속을 사용하는 경우 접속의 프라이빗 끝점의 네트워크 대역폭을 공유합니다.

공용 데이터 소스 및 대상에 연결

GoldenGate의 트래픽은 연결의 라우팅 방법이나 데이터 소스 또는 대상의 위치에 관계없이 항상 VCN을 통과합니다. 공용(public) 데이터베이스에 연결하려면 다음을 수행하십시오.

- 공용 IP가 없는 네트워크 장치가 인터넷에 연결할 수 있도록 NAT 게이트웨이를 구성합니다. 연결에는 공용 IP가 없으며 수신 IP는 항상 VCN의 주소 공간에 있습니다. NAT 게이트웨이에 대해 자세히 알아보십시오.

- NAT 게이트웨이를 통해 인터넷으로 트래픽을 라우팅하는 라우팅 규칙을 추가합니다. 기본적으로 OCI의 공용 서브넷은 인터넷 게이트웨이를 통해 인터넷 트래픽을 라우팅하고 전용 서브넷은 NAT 게이트웨이를 통해 라우팅합니다. 따라서 퍼블릭 대상에 대한 접속을 사용으로 설정하려면 배치에 대한 프라이빗 서브넷을 선택해야 합니다.

연결 트래픽은 NAT 게이트웨이의 공용 IP 주소에서 발생합니다. 소스 또는 대상 데이터베이스에서 네트워크 액세스 제어를 사용으로 설정하려면 이 IP 주소에서 접속을 사용으로 설정해야 합니다.

자율운영 AI 데이터베이스 및 OCI 스트리밍과 같은 일부 공용 OCI 서비스는 NAT 게이트웨이 및 서비스 게이트웨이를 통해 액세스할 수 있습니다. 두 경로를 모두 VCN에서 사용할 수 있는 경우 NAT 게이트웨이인 더 구체적인 경로가 사용됩니다. NAT 게이트웨이가 사용되는 경우 대상 데이터베이스의 ACL(액세스 제어 목록)이 VCN에서 연결을 사용으로 설정해야 합니다(액세스 제어 목록 제한 및 참고 사항 참조).

네트워크 고려사항

Oracle GoldenGate에 대한 네트워크 요구 사항은 다음과 같습니다.

- Extract: 대기 시간이 80밀리초(밀리초)를 초과하는 경우 성능에 영향을 줄 수 있습니다. Integrated Extract의 경우 캡처되는 테이블의 변경 사항만 Extract 프로세스 자체로 전송됩니다.

- Replicat: OCI GoldenGate와 대상 간의 대기 시간이 5ms를 초과하는 경우 성능에 영향을 줄 수 있습니다.

- Oracle GoldenGate와 Oracle GoldenGate 간 통신의 경우: 데이터의 100%를 캡처하는 경우 추적 파일은 생성된 리두 로그 볼륨의 30~40%로 증가합니다. 즉, Oracle GoldenGate는 네트워크를 통해 생성된 리두 로그 볼륨의 30-40%를 전송합니다. 네트워크가 이 볼륨으로 확장할 수 없는 경우 네트워크를 통해 전송된 추적 파일 데이터에 대한 압축을 사용으로 설정할 수 있습니다. 이 압축은 일반적으로 8:1 압축률 이상을 달성할 수 있습니다. TCP 창 소켓 크기 및 버퍼도 수정할 수 있습니다.

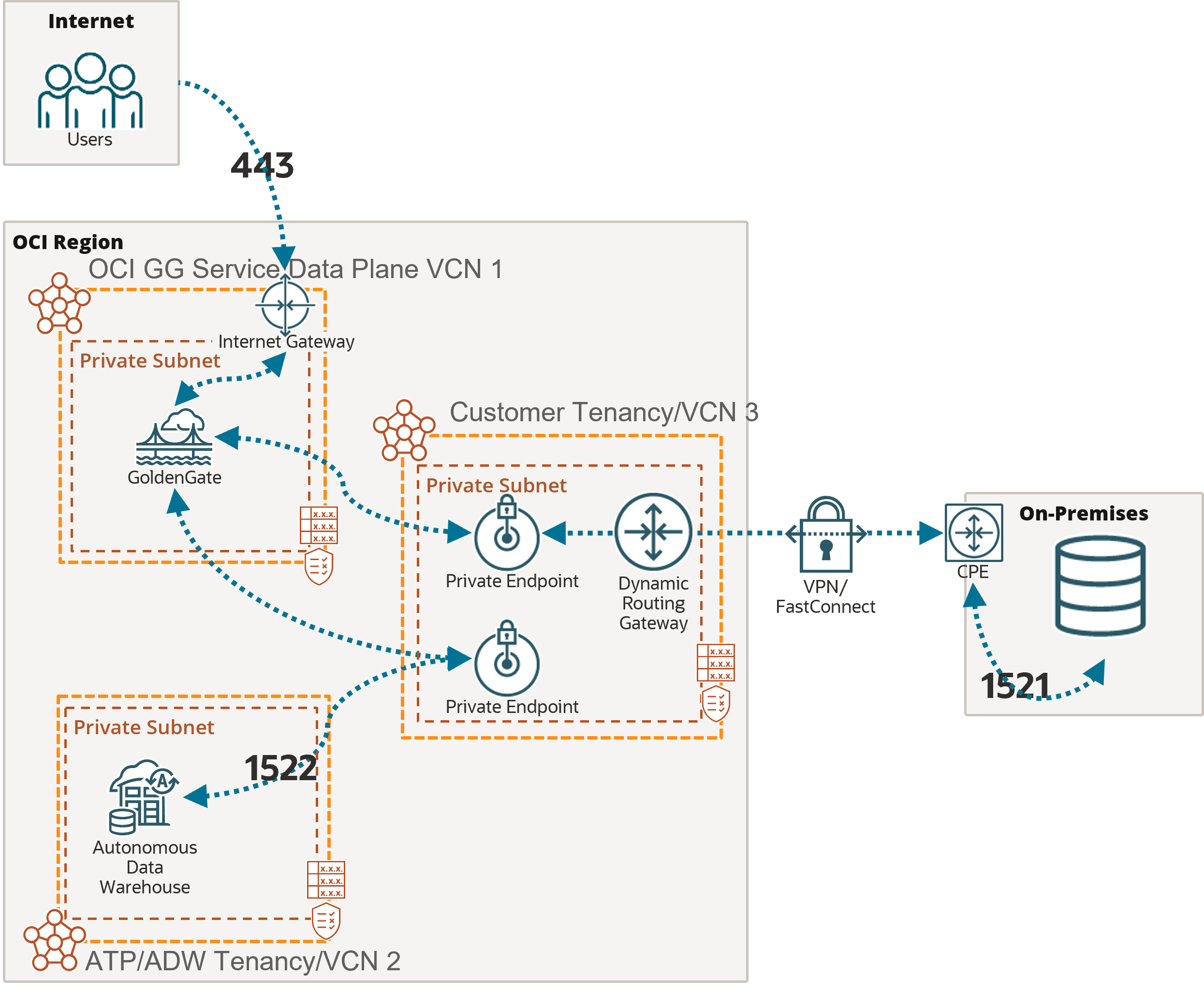

예: Oracle 온프레미스에서 Autonomous AI Lakehouse로 복제

이 예에서 OCI GoldenGate 배치는 포트 443을 사용하여 공용 인터넷을 통해 액세스할 수 있습니다.

위에서 언급했듯이 연결 세부정보 페이지에 나열된 수신 IP 주소에서 데이터베이스 노드의 전용 IP로의 연결을 허용하려면 적절한 서브넷 보안 규칙을 추가해야 합니다. 제공된 모든 FQDN은 선택한 서브넷 내에서 분석할 수 있어야 합니다.

자율운영 AI 레이크하우스(ALK)에 접속하기 위해 OCI GoldenGate는 '모든 곳에서 보안 액세스'를 선택하지 않는 한 포트 1522를 통해 프라이빗 엔드포인트도 생성합니다.

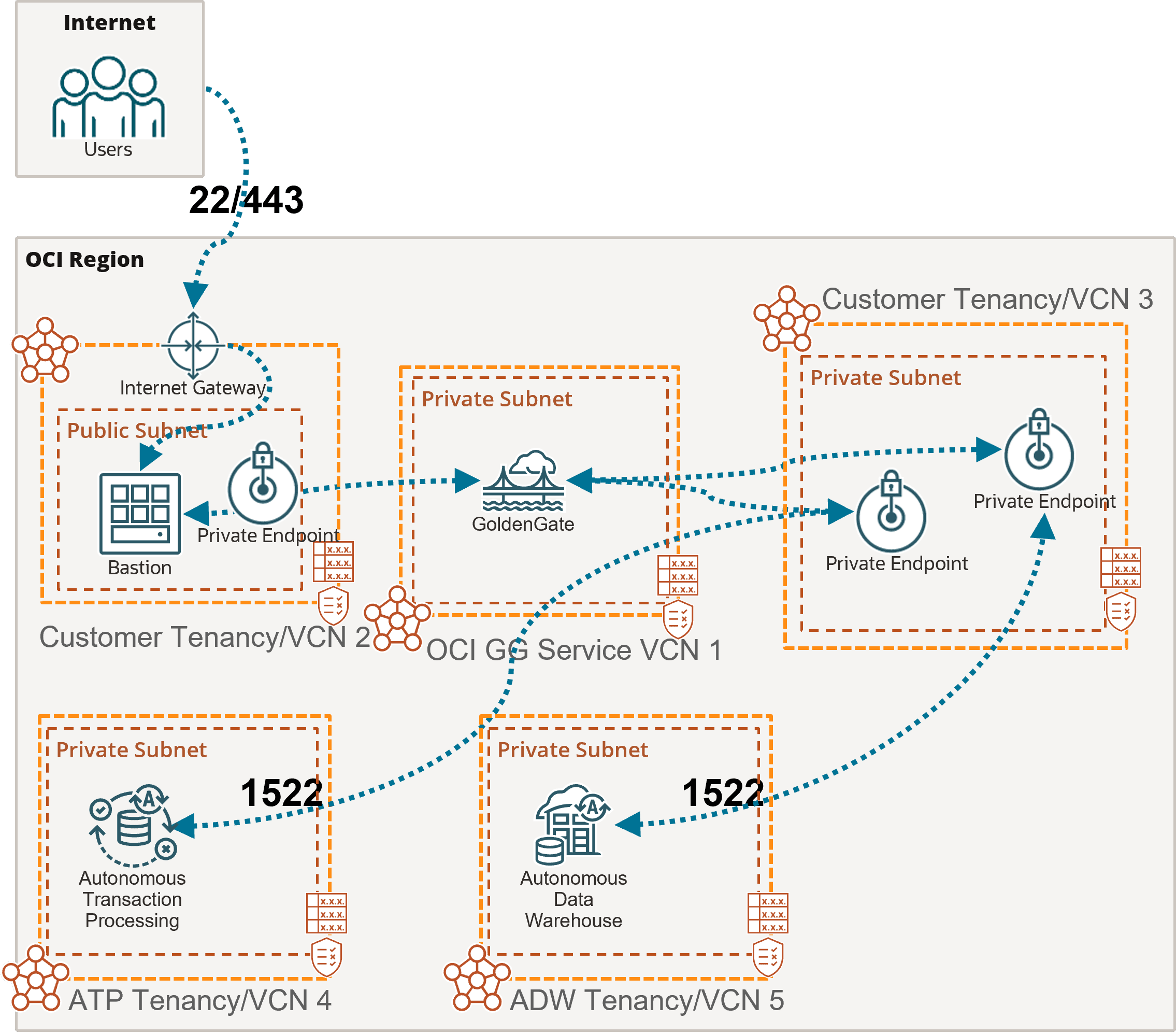

예: Autonomous AI Transaction Processing에서 Autonomous AI Lakehouse로 복제

이 예에서 OCI GoldenGate 배치는 OCI 네트워크 내에서 프라이빗 끝점을 사용하거나 OCI 리소스에 대한 액세스를 보호하는 배스천 호스트를 통해서만 액세스할 수 있습니다. 자세한 내용은 전용 IP를 사용하여 Oracle Cloud Infrastructure GoldenGate에 연결을 참조하십시오.

자율운영 AI 트랜잭션 처리(ATP) 및 자율운영 AI 레이크하우스(ALK)에 접속하기 위해 OCI GoldenGate는 '모든 곳에서 보안 액세스'를 선택하지 않는 한 포트 1522를 통해 개인 엔드포인트를 생성합니다.

접속을 생성할 때 자율운영 AI 데이터베이스를 선택하면 프라이빗 끝점이 자동으로 생성됩니다. 그렇지 않으면 자율운영 AI 데이터베이스 구성을 수동으로 입력하고 '공유 끝점'을 선택하여 배치 생성 중 선택된 서브넷에서 생성된 배치의 프라이빗 끝점을 재사용할 수 있습니다. 이 서브넷 내에서 적절한 서브넷 보안 규칙 및 DNS 확인 구성은 사용자의 책임입니다.

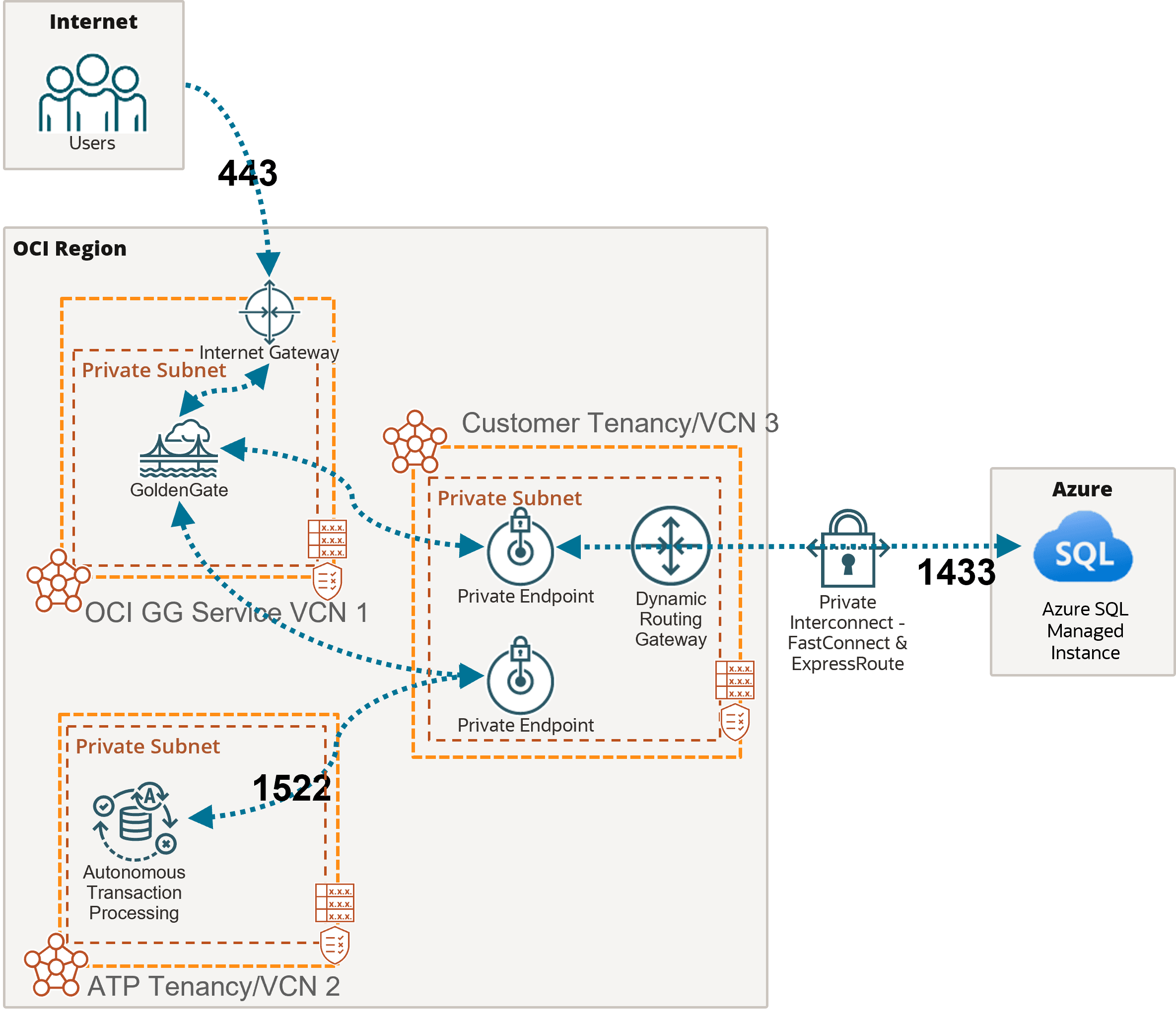

예: Azure SQL 관리 인스턴스에서 자율 AI 트랜잭션 처리로 복제

이 예에서 OCI GoldenGate 배치는 포트 443을 사용하여 공용 인터넷을 통해 액세스할 수 있습니다.

위에서 언급한 대로 연결 세부정보 페이지에 나열된 수신 IP 주소에서 데이터베이스 노드의 전용 IP로의 연결을 허용하려면 적절한 서브넷 보안 규칙을 추가해야 합니다. 제공된 모든 FQDN은 선택한 서브넷 내에서 분석할 수 있어야 합니다.

이 예에서 네트워크 트래픽은 FastConnect 및 ExpressRoute를 사용하여 OCI와 Azure 간의 개인 상호 연결을 거칩니다. 포트 1433은 전용 연결에 사용됩니다. 공용 인터넷을 통한 Azure SQL 관리 인스턴스에 대한 연결은 일반적으로 포트 3342를 사용합니다.

자율운영 AI 트랜잭션 처리(ATP)에 접속하기 위해 OCI GoldenGate는 '모든 곳에서 보안 액세스'를 선택하지 않는 한 포트 1522를 통해 프라이빗 엔드포인트를 생성합니다.