주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마치면 이러한 값을 자신의 클라우드 환경과 관련된 값으로 대체합니다.

Oracle APEX와 Oracle Cloud Infrastructure Identity and Access Management ID 도메인 통합

소개

Oracle Cloud Infrastructure Identity and Access Management(OCI IAM)는 SaaS, 클라우드 호스팅 또는 온프레미스에 관계없이 Oracle 및 비Oracle 애플리케이션은 물론 Oracle Cloud Infrastructure에 대한 인증, SSO(Single Sign-On), ID 수명 주기 관리와 같은 ID 및 액세스 관리 기능을 제공합니다.

목표

- MFA(다단계 인증), 적응형 보안, 보고 등 보안 제어를 제공하는 ID 제공자(IdP)로 OCI IAM ID 도메인을 사용하여 Oracle APEX 애플리케이션에서 SSO를 구성합니다.

필요 조건

-

파트너 애플리케이션 설정에 대한 모든 ID 도메인의 OCI IAM 관리자 액세스입니다.

-

Oracle APEX 18.1 이상(인증 설정용 애플리케이션 포함)

작업 1: Oracle APEX에 샘플 애플리케이션 설치

-

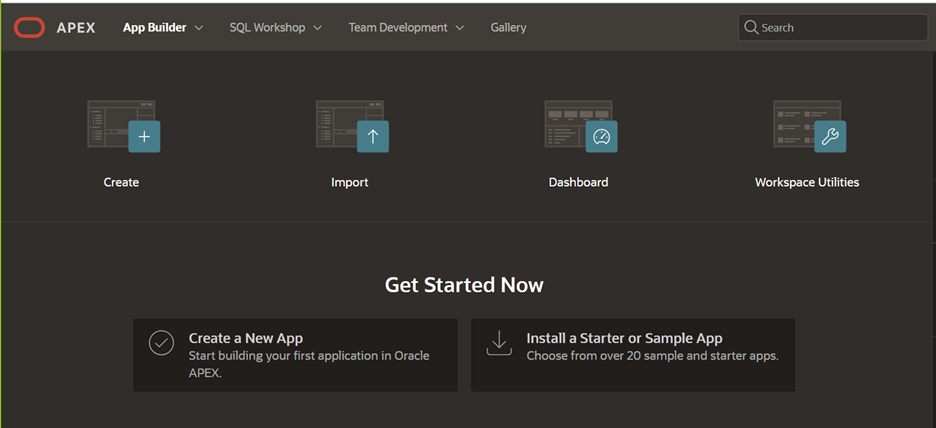

APEX 작업영역에 로그인하여 OCI IAM을 SSO용 IdP로 사용할 샘플 애플리케이션을 생성합니다. Oracle APEX에서 애플리케이션을 생성하려면 앱 작성기를 누릅니다.

-

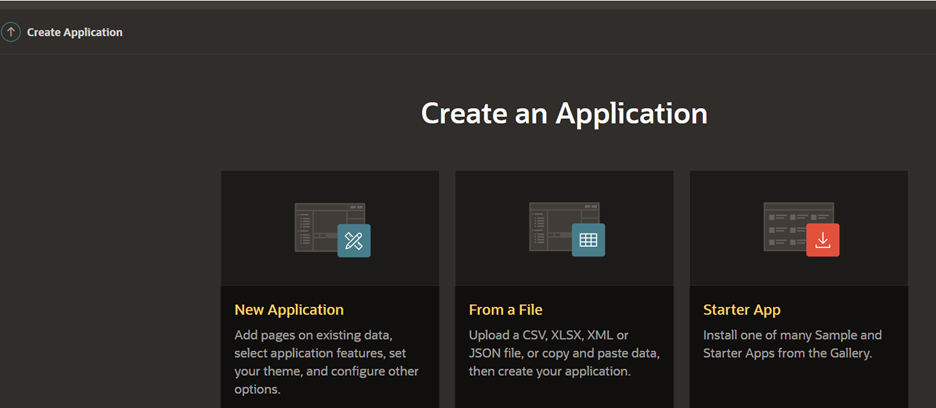

애플리케이션 생성을 누릅니다.

-

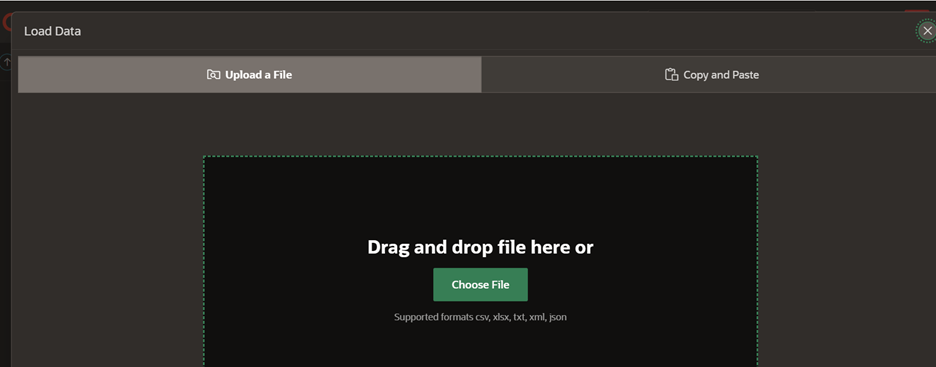

파일에서를 선택합니다.

-

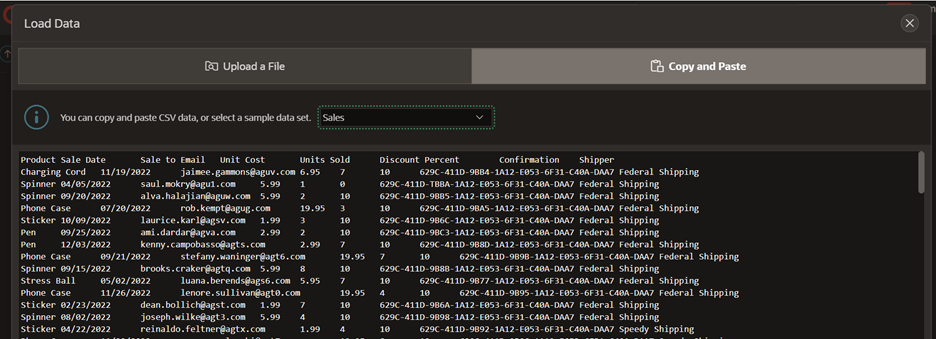

다음 이미지와 같이 복사 및 붙여넣기를 누르고 영업을 선택합니다.

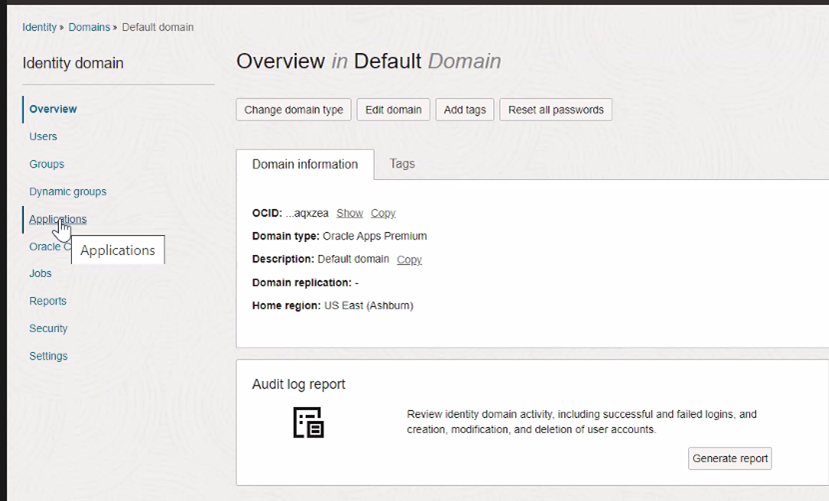

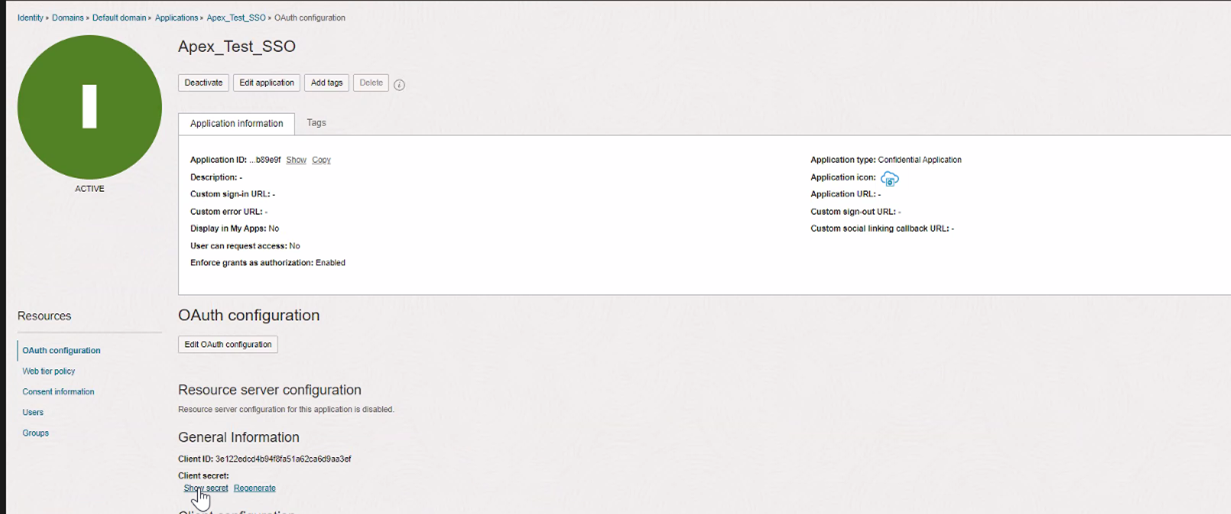

작업 2: OCI IAM에 기밀 애플리케이션 등록

OCI IAM 도메인에 기밀 애플리케이션을 등록합니다. 이 자습서에서는 기본 도메인을 사용했습니다.

-

OCI 콘솔에 로그인하여 ID 및 보안으로 이동합니다. ID에서 도메인 및 애플리케이션을 누릅니다.

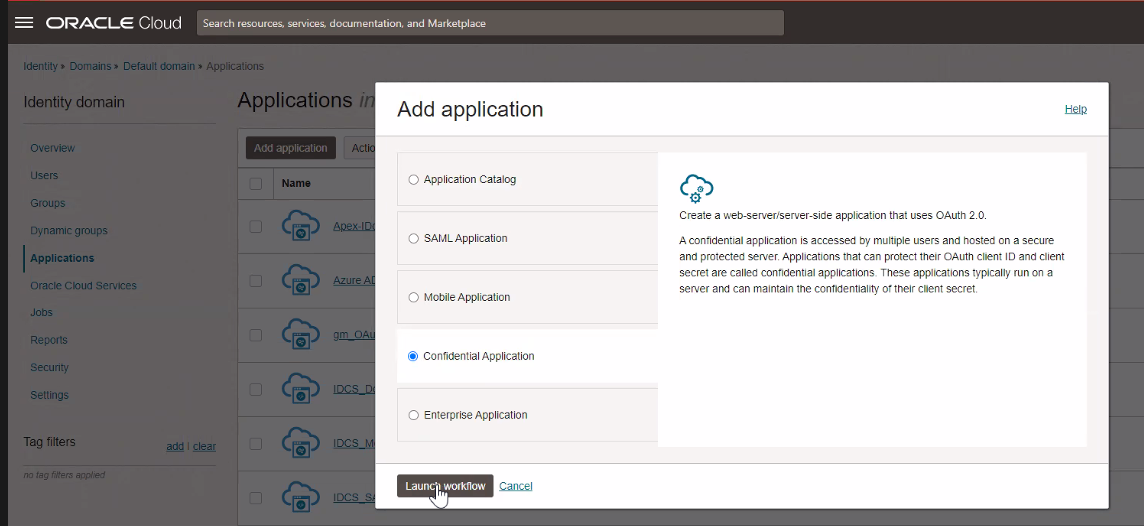

-

기밀 애플리케이션을 선택하고 워크플로우 실행을 누릅니다.

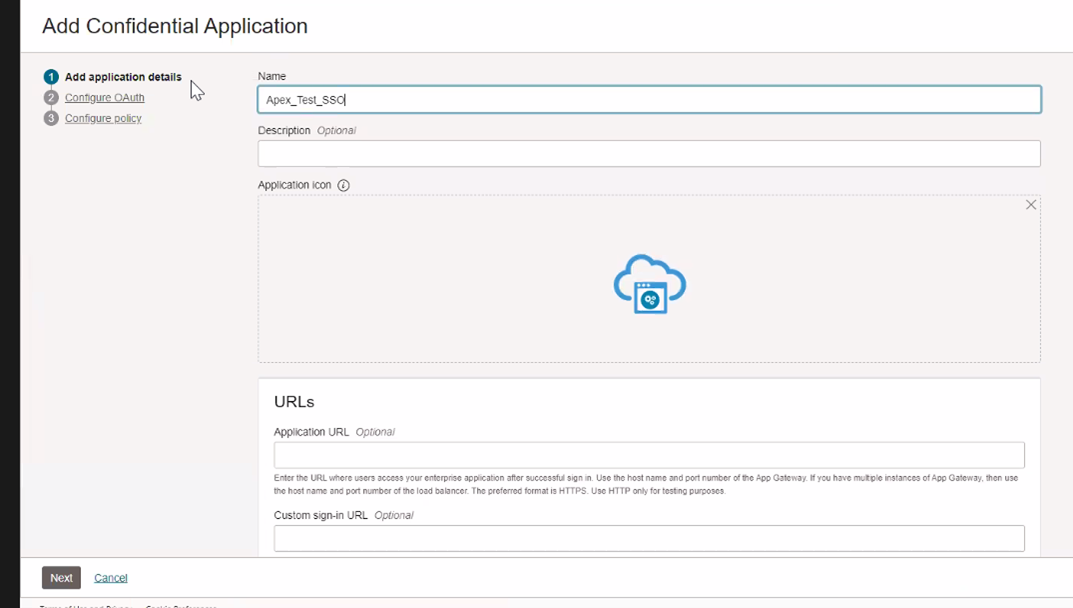

-

애플리케이션의 이름을 입력하고 다음을 누릅니다.

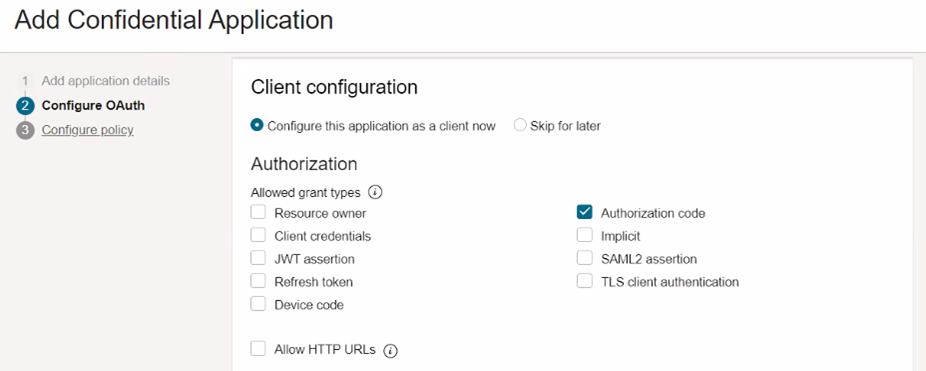

-

승인 코드를 허용된 권한 부여 유형으로 선택하고 다음을 누릅니다.

-

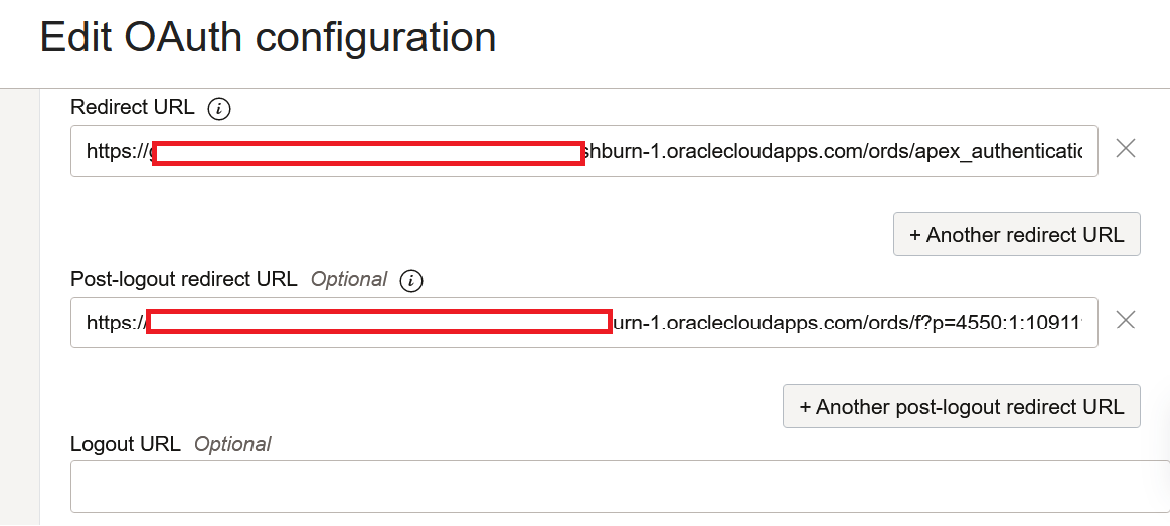

재지정 URL을

https://guid-demodb.adb.region.oraclecloudapps.com/ords/apex_authentication.callback형식으로 입력합니다. 예:https://guid-demodb.adb.us-ashburn-1.oraclecloudapps.com/ords/apex_authentication.callback. -

사후 로그아웃 재지정 URL을

https://guid-demodb.adb.region.oraclecloudapps.com/ords/f?p=your_apex_number_here형식으로 입력합니다. -

로그아웃 URL은 비워 둡니다.

주: 이 URL은 나중에 Oracle APEX 인증 체계 사후 로그아웃 URL에 추가될 때 정확히 일치해야 합니다.

-

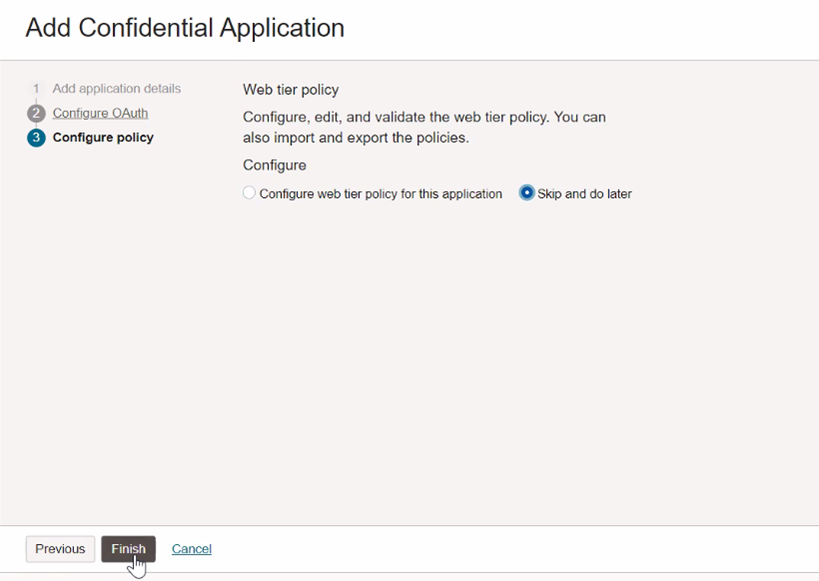

완료를 누릅니다.

-

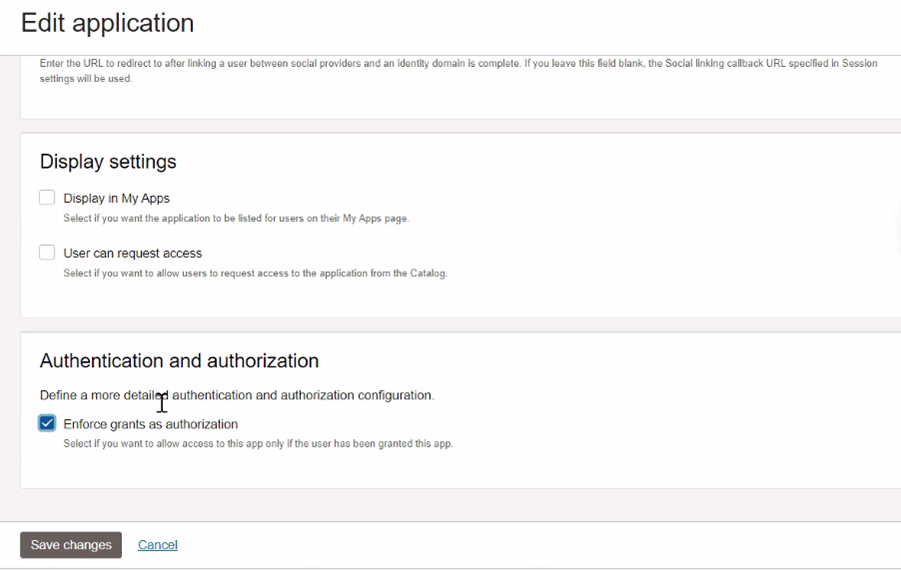

애플리케이션 편집을 누르고 인증 및 권한 부여에서 권한 부여로 권한 부여 적용을 선택합니다. 나중에 Oracle APEX 애플리케이션에 대한 액세스를 제어하는 데 사용됩니다.

-

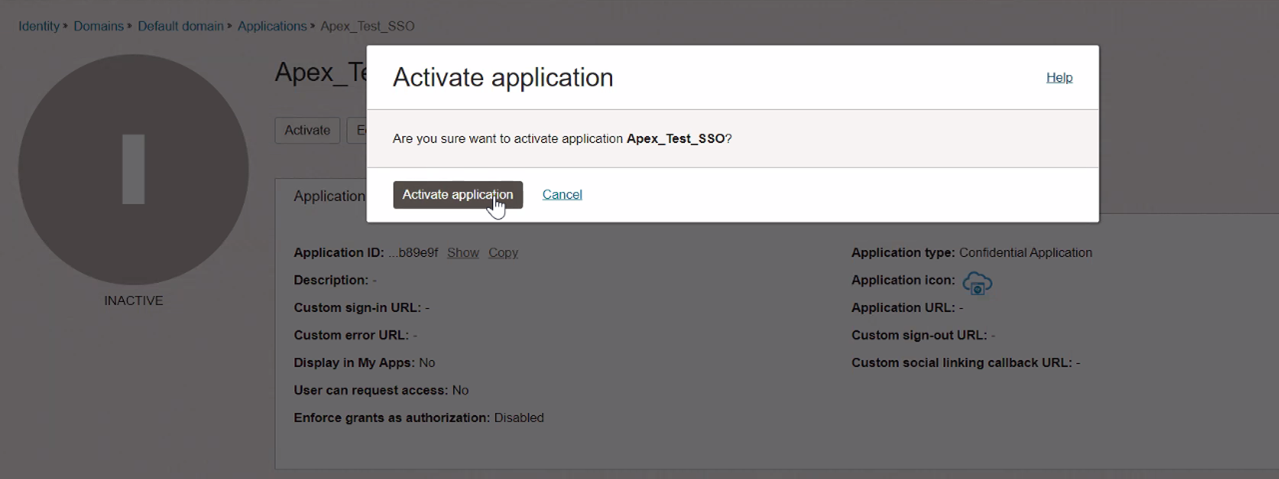

지원 활성화를 누릅니다.

-

Oracle APEX측의 구성에 사용할 클라이언트 ID 및 클라이언트 암호를 복사합니다.

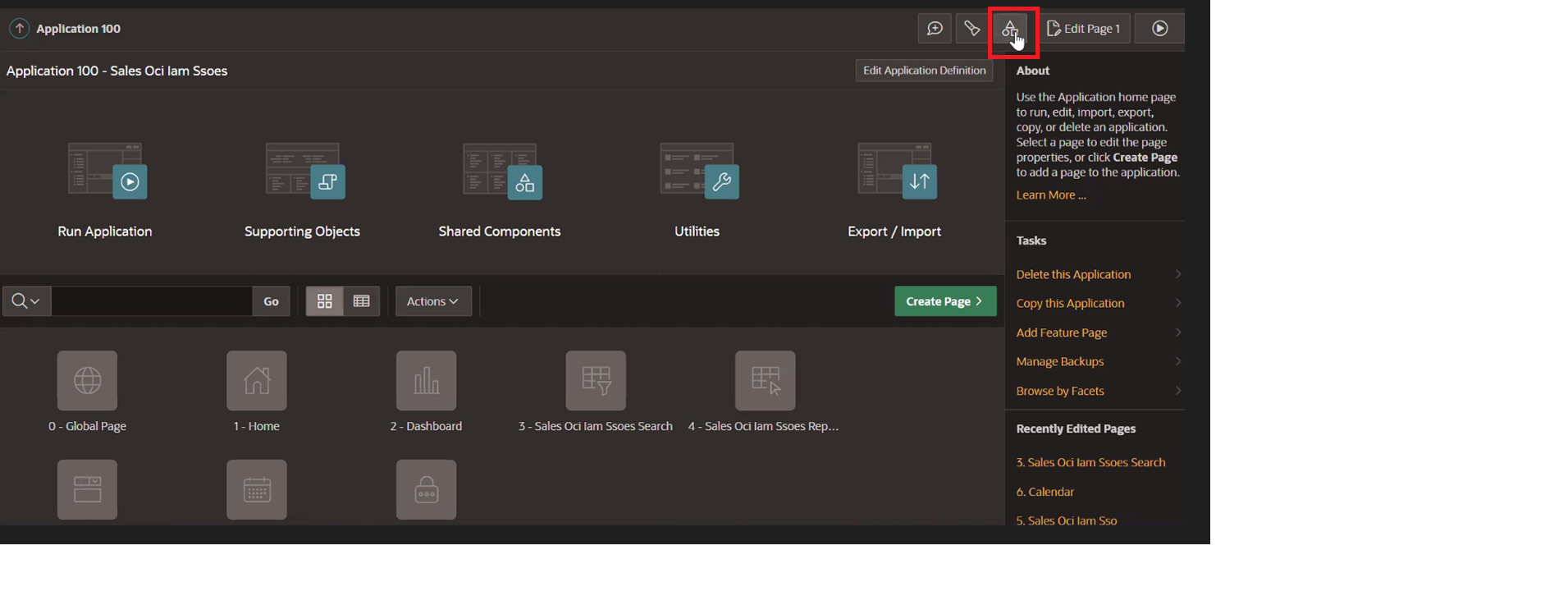

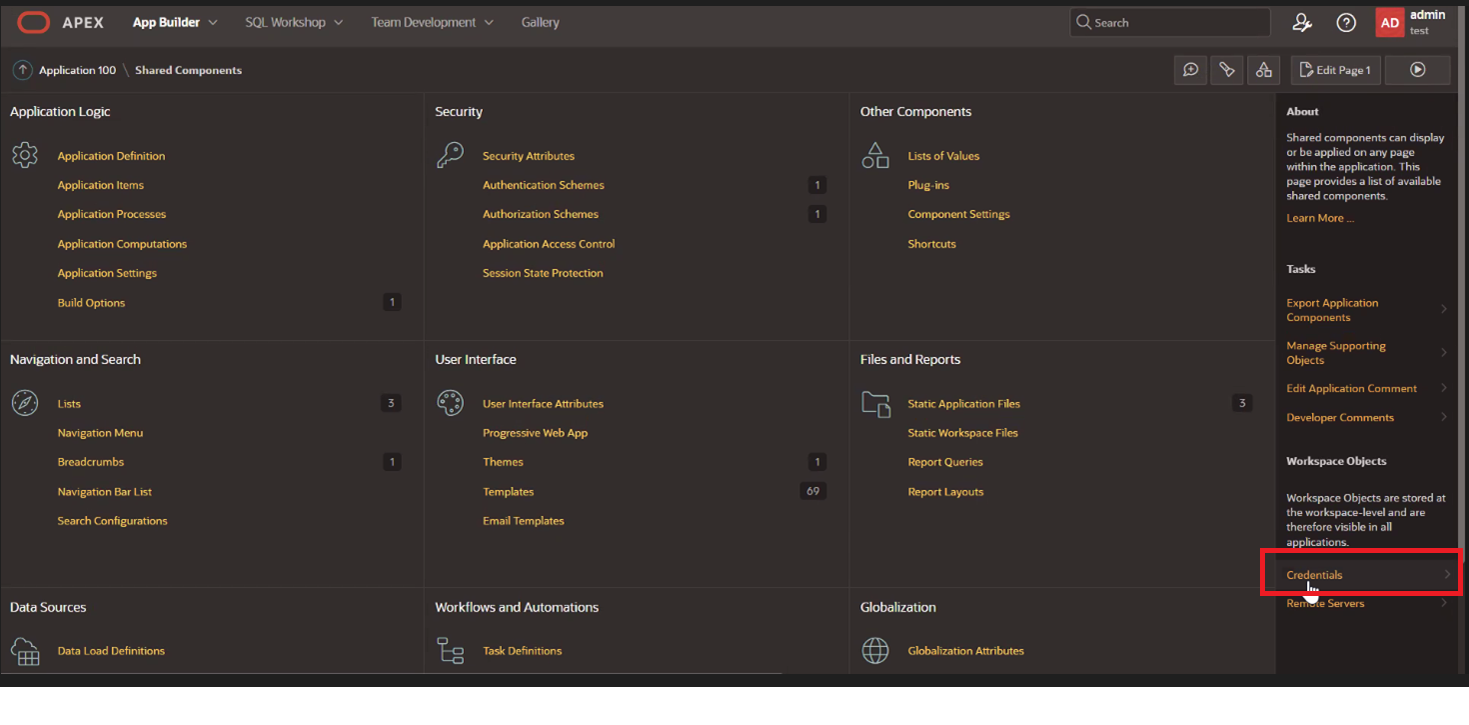

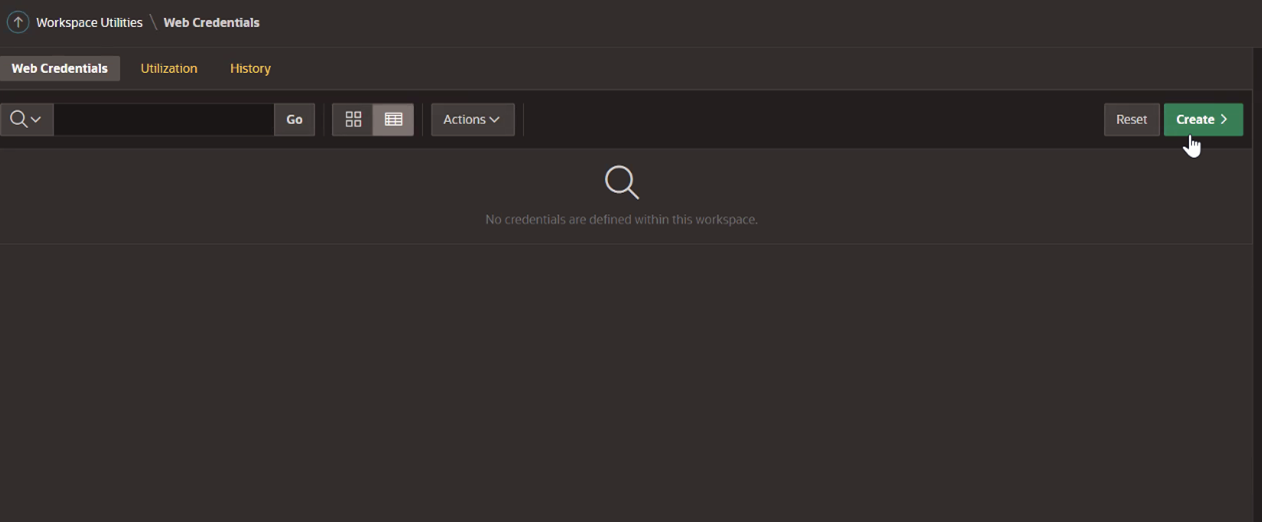

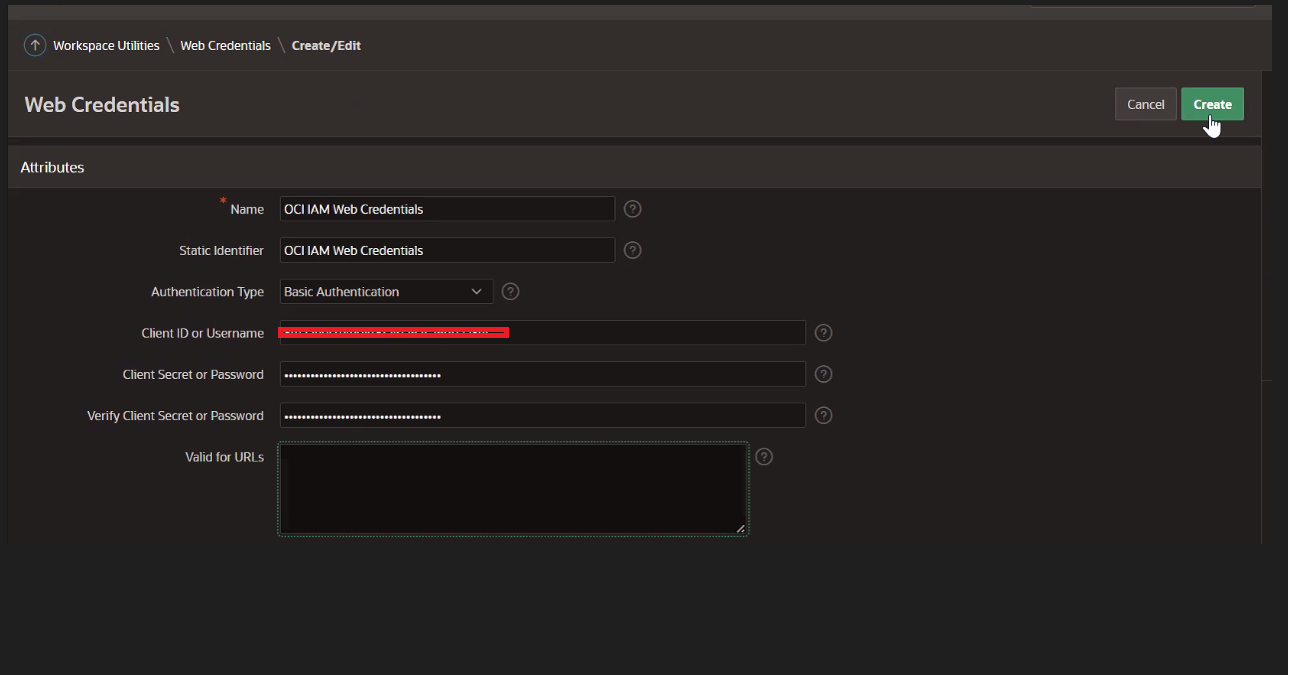

작업 3: Oracle APEX Workspace에서 새 웹 인증서 생성

-

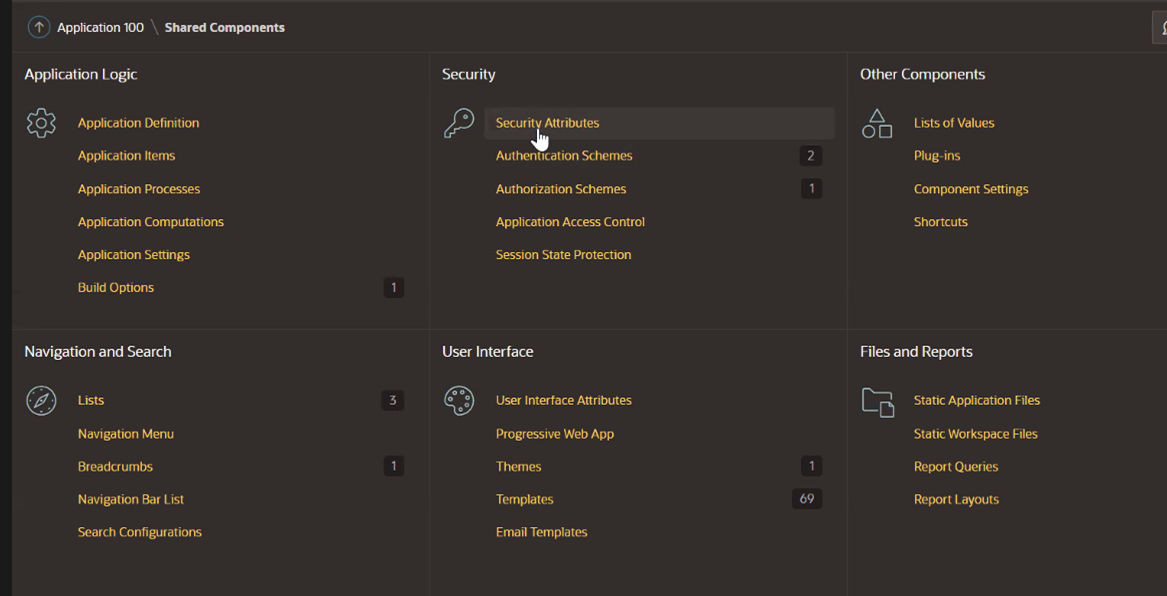

Oracle APEX 작업영역을 엽니다. 태스크 1에서 생성된 애플리케이션에서 공유 객체를 누릅니다.

-

인증서를 누릅니다.

-

Create를 누릅니다.

-

다음 정보를 입력하고 생성을 누릅니다.

주: 태스크 2의 기밀 애플리케이션에서 클라이언트 ID 및 클라이언트 암호를 사용합니다.

-

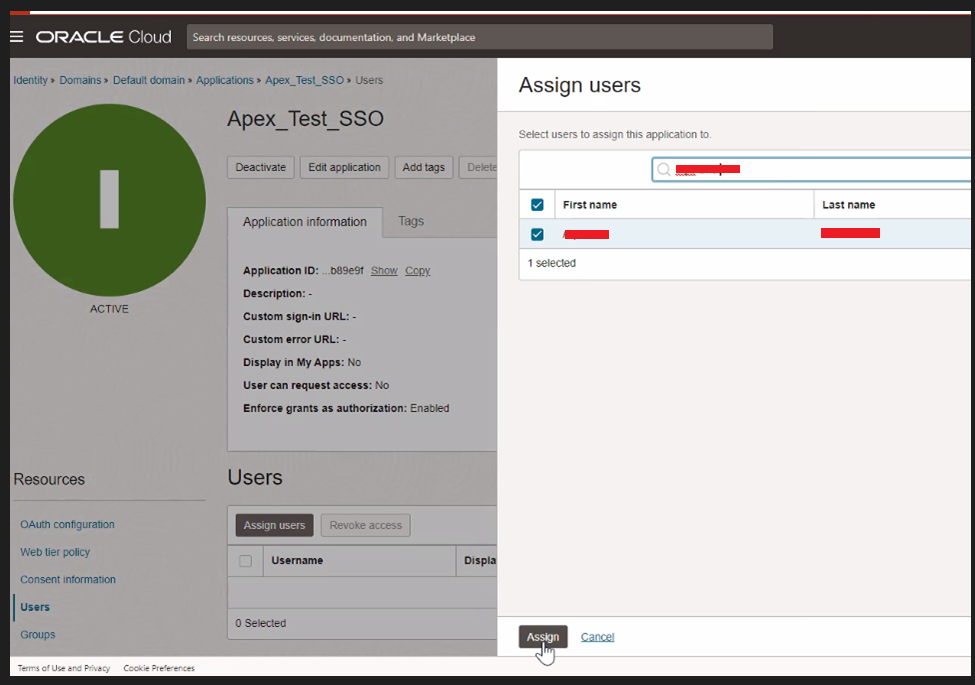

이 애플리케이션에 사용자를 지정합니다.

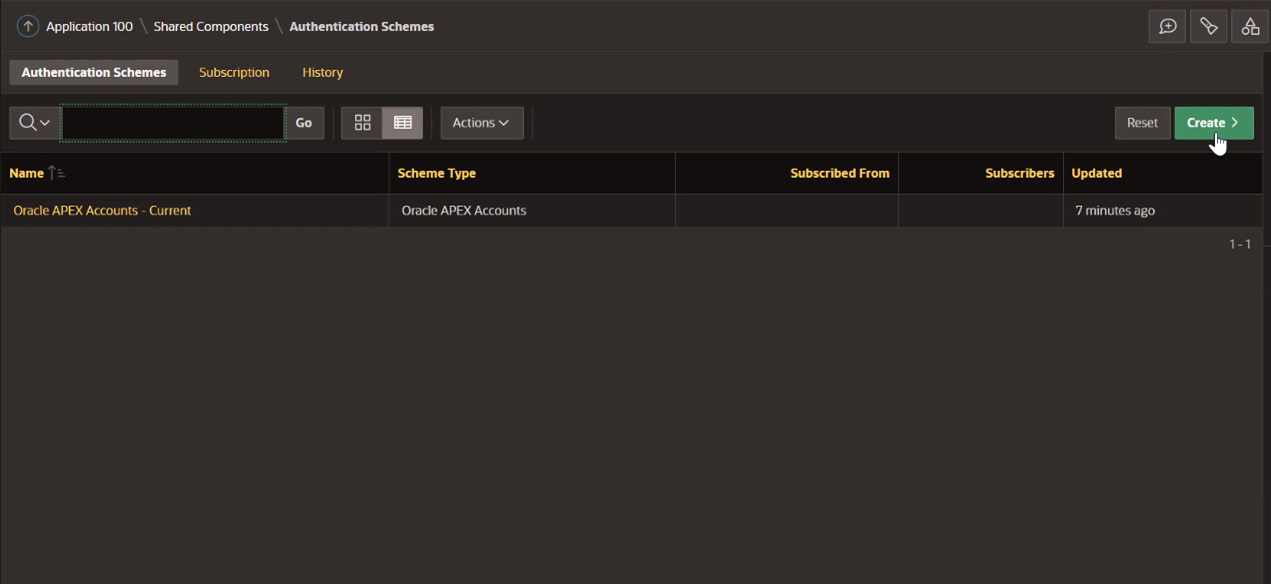

작업 4: Oracle APEX에서 샘플 애플리케이션에 대한 새 인증 체계 생성

-

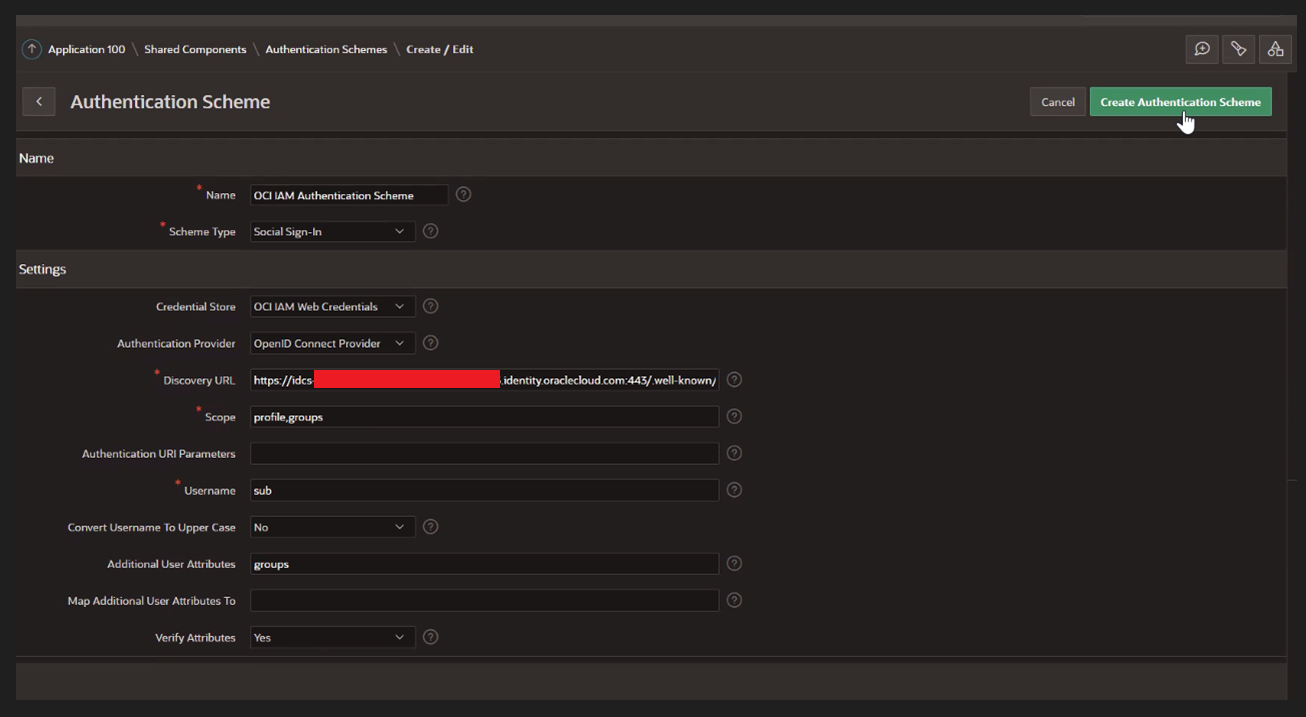

Oracle APEX 작업영역을 열고 공유 객체를 누릅니다. 보안에서 인증 체계 및 생성을 누릅니다.

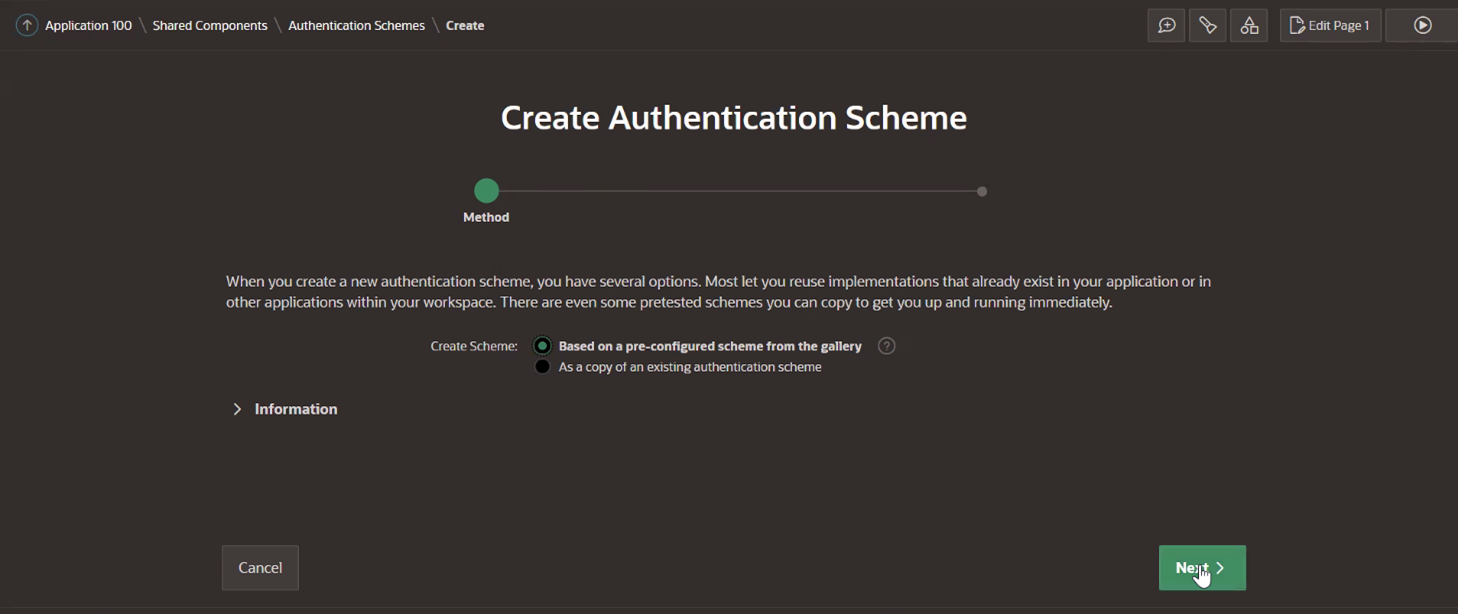

-

Based on a pre-configured scheme from the gallery를 선택하고 Next를 누릅니다.

-

다음 정보를 입력하고 생성을 누릅니다. 검색 URL은

https://[idcs-service-url]/.well-known/openid-configuration/입니다.

-

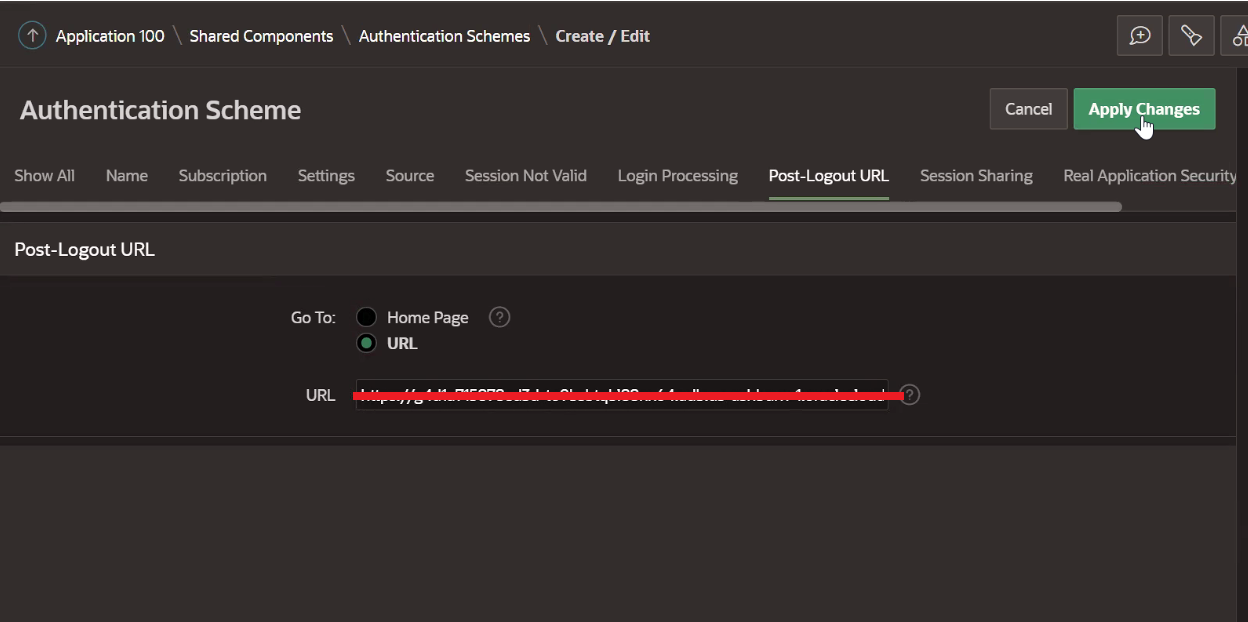

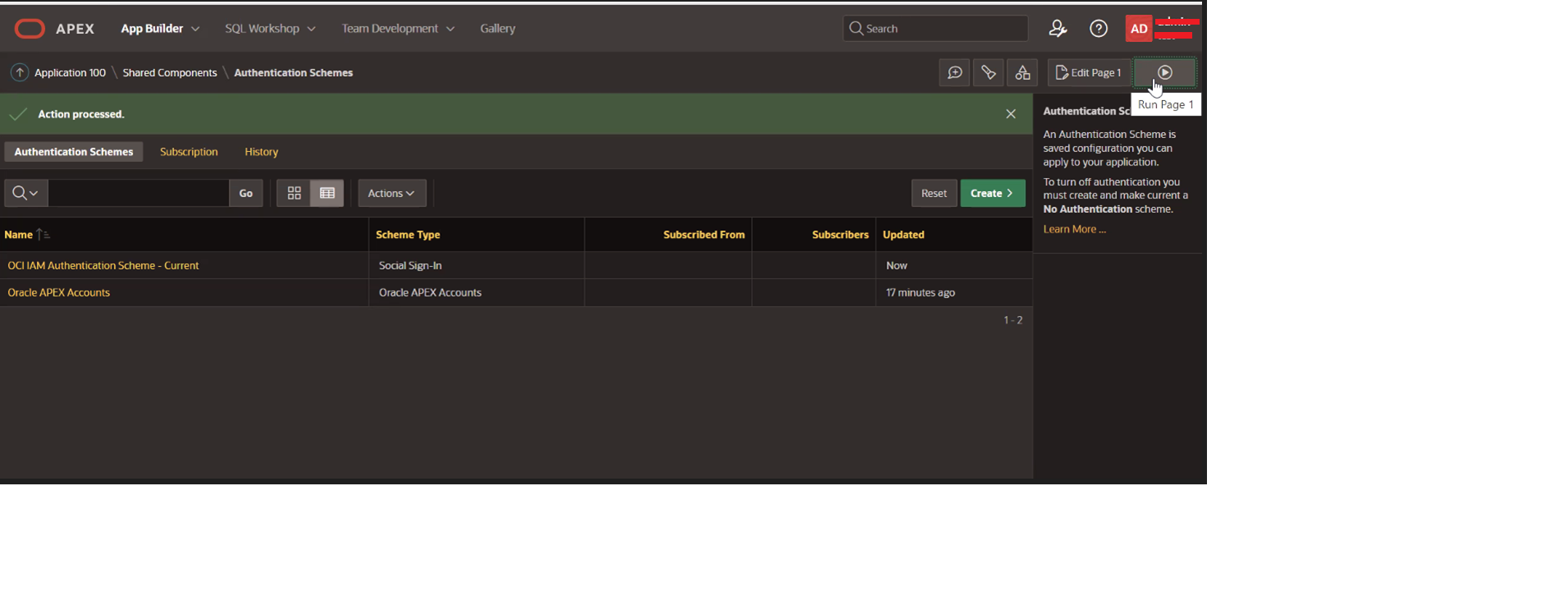

생성된 IDCS(Oracle Identity Cloud Service) 인증 체계 - 현재를 누릅니다.

-

사후 로그아웃 URL 탭을 누르고 이동 및 URL을 선택합니다. URL에 작업 2.6의 Oracle APEX 애플리케이션 URL을 붙여넣습니다. 이 URL은 IDCS 사후 로그아웃 재지정 URL과 일치해야 합니다.

-

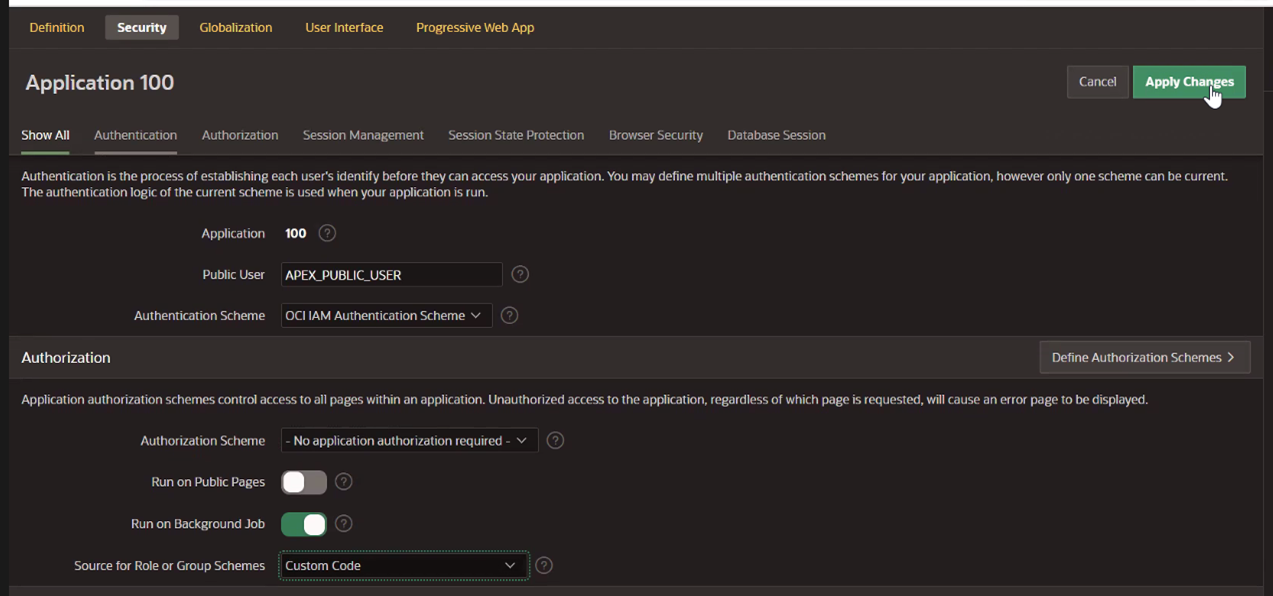

보안 속성에서 정보를 업데이트하고 변경 사항 적용을 누릅니다.

-

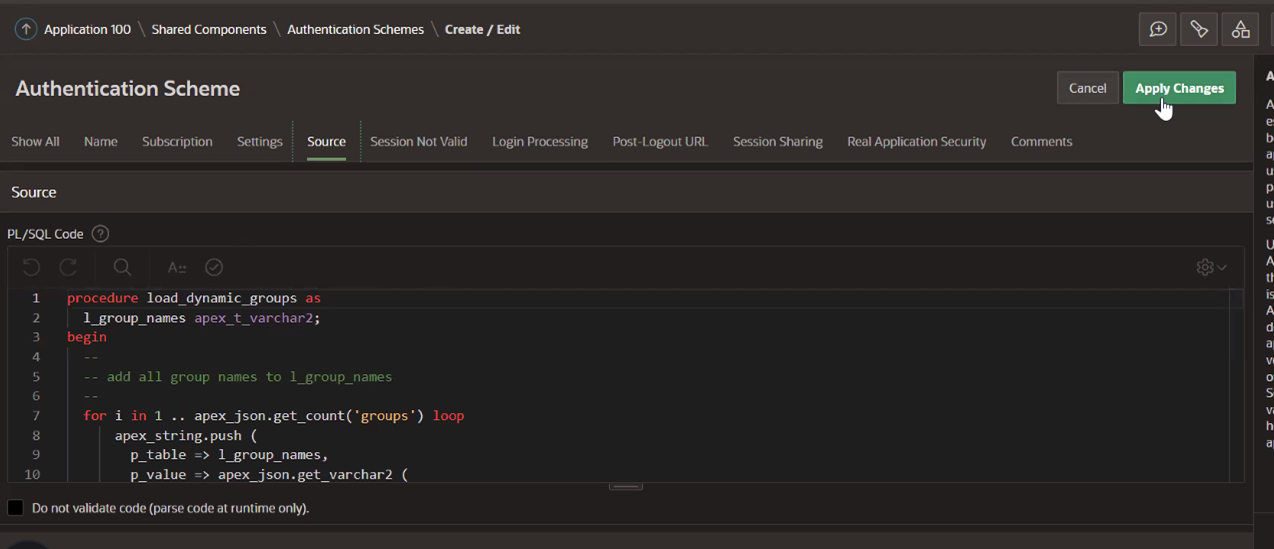

(선택 사항) 소스 섹션에 다음 PL/SQL 코드를 입력합니다.

주: 사용자가 속한 그룹을 기반으로 애플리케이션의 기능 또는 동작을 변경하려는 경우에만 권한 부여를 제어해야 합니다. 자세한 내용은 이 자습서 끝에 있는 권한 부여 제어 절을 참조하십시오.

procedure load_dynamic_groups as l_group_names apex_t_varchar2; begin -- -- add all group names to l_group_names -- for i in 1 .. apex_json.get_count('groups') loop apex_string.push ( p_table => l_group_names, p_value => apex_json.get_varchar2 ( p_path => 'groups[%d].name', p0 => i )); end loop; -- -- save group names in session -- apex_authorization.enable_dynamic_groups ( p_group_names => l_group_names ); end;

-

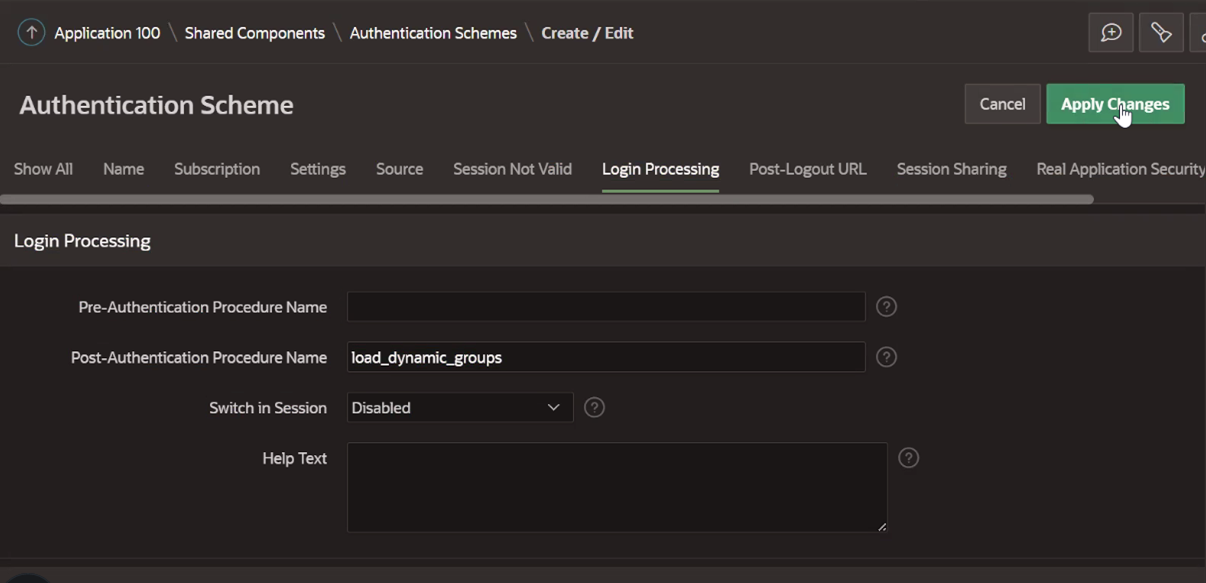

(단계 7에 사용되는 옵션) 로그인 처리에서 다음 정보를 입력하고 저장합니다.

작업 5: Oracle APEX 애플리케이션에 대한 로그인 테스트

-

페이지 실행을 누릅니다.

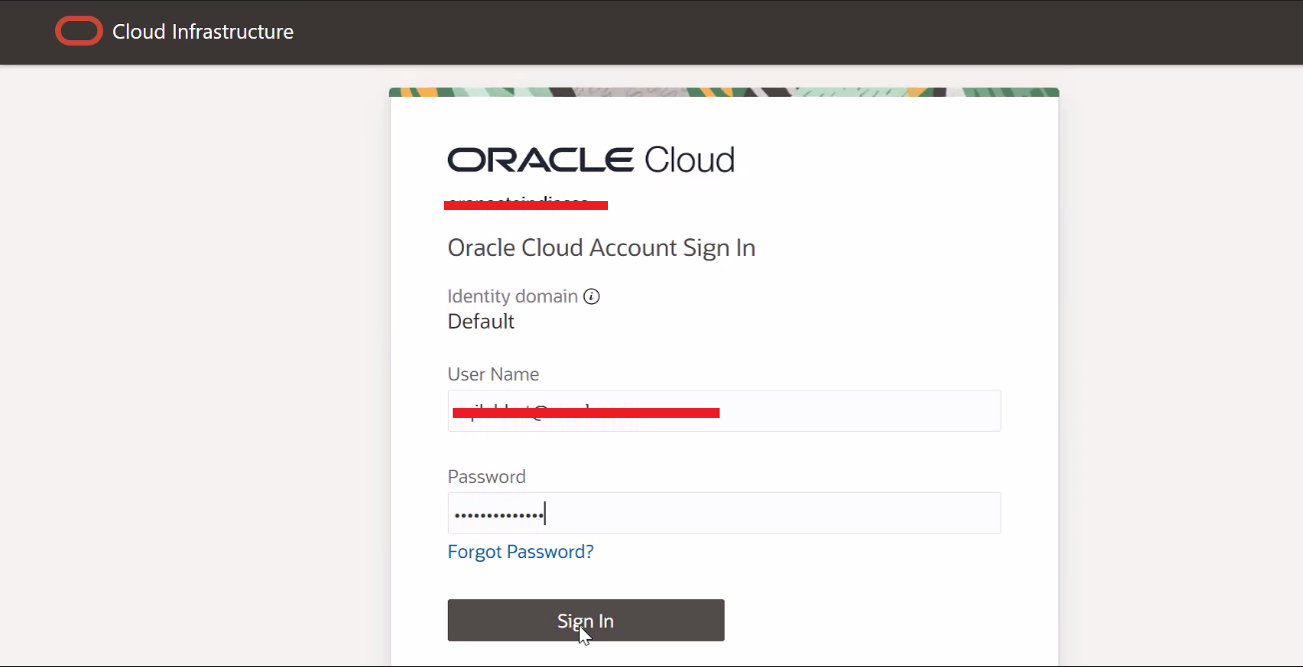

-

프롬프트된 로그인 화면에 인증서를 입력합니다. 이 자습서에서는 인증에 사용되는 계정이 로컬 활성 디렉토리에서 동기화되고 암호가 활성 디렉토리에 상주합니다. OCI IAM은 사용자 이름과 비밀번호를 수집하여 활성 디렉토리에 대해 검증됩니다.

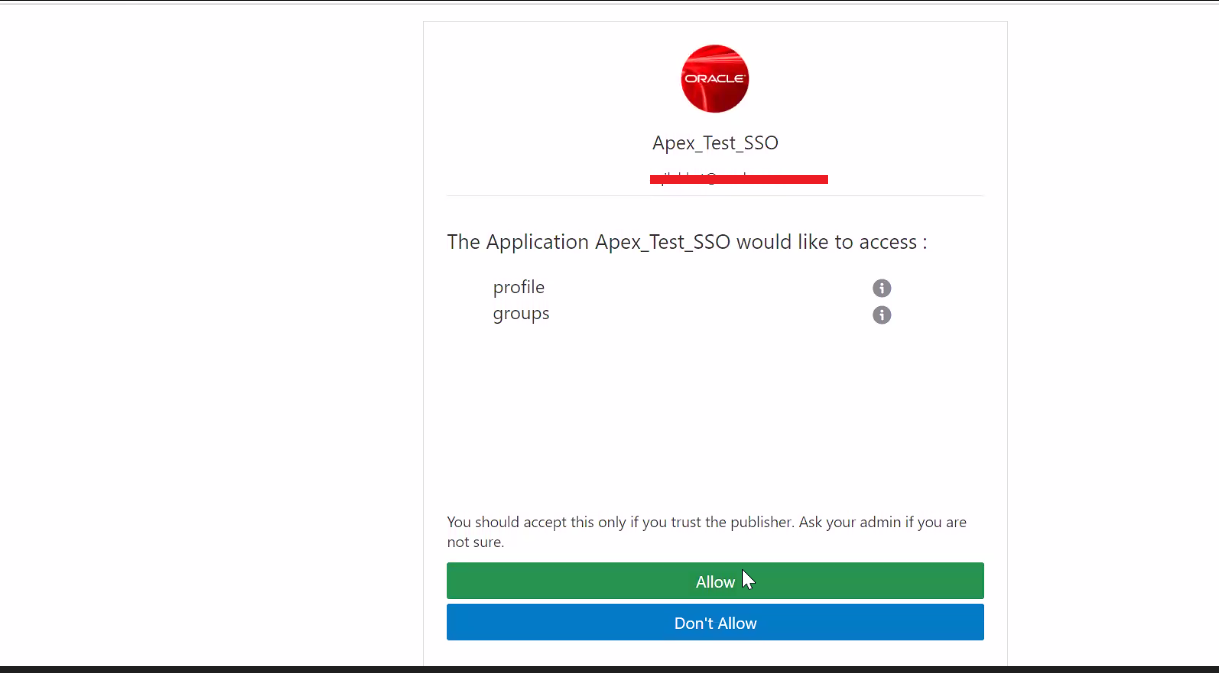

-

허용을 누릅니다.

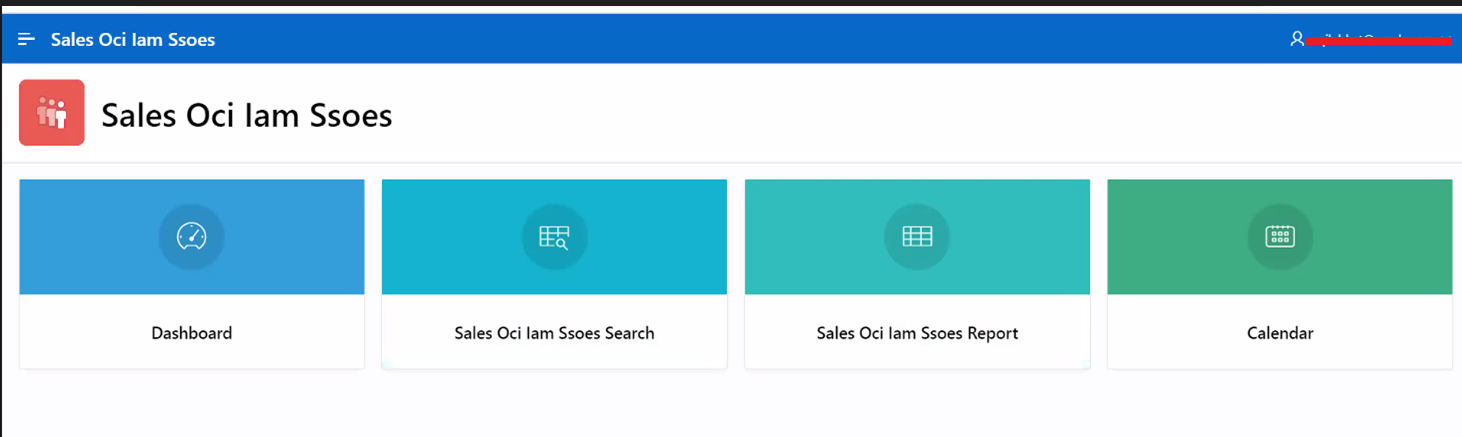

응용 프로그램 랜딩 페이지가 표시됩니다.

권한 부여 제어

SSO에 대해 구성된 기밀 애플리케이션에서 권한 부여로 권한 부여 적용을 사용으로 설정하여 권한 부여를 제어할 수 있습니다. 그러면 이 애플리케이션에 지정된 사용자 또는 그룹만 Oracle APEX 애플리케이션에 액세스할 수 있습니다. 이는 작업 2.9에 표시됩니다.

권한 부여를 제어하는 다른 방법은 작업 4.7 및 4.8과 같이 인증 체계 내에서 PL/SQL 프로시저를 사용하는 것입니다. 인증이 성공하면 userinfo_endpoint가 호출되고 사후 인증 절차에서 결과를 사용할 수 있게 됩니다. JSON 결과는 그룹 목록으로 변환되고 그룹 관리를 위해 내장된 Oracle APEX 세션에 저장됩니다. 나중에 공유 구성요소의 권한 부여 체계와 연결하여 사용자의 그룹 멤버쉽을 기반으로 애플리케이션에 대한 액세스를 제공할 수 있습니다.

관련 링크

확인

- 작성자 - Aqib Javid Bhat(수석 클라우드 엔지니어)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 살펴보거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하십시오. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Integrate Oracle APEX with Oracle Cloud Infrastructure Identity and Access Management Identity Domains

F78518-02

May 2024