주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마칠 때는 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

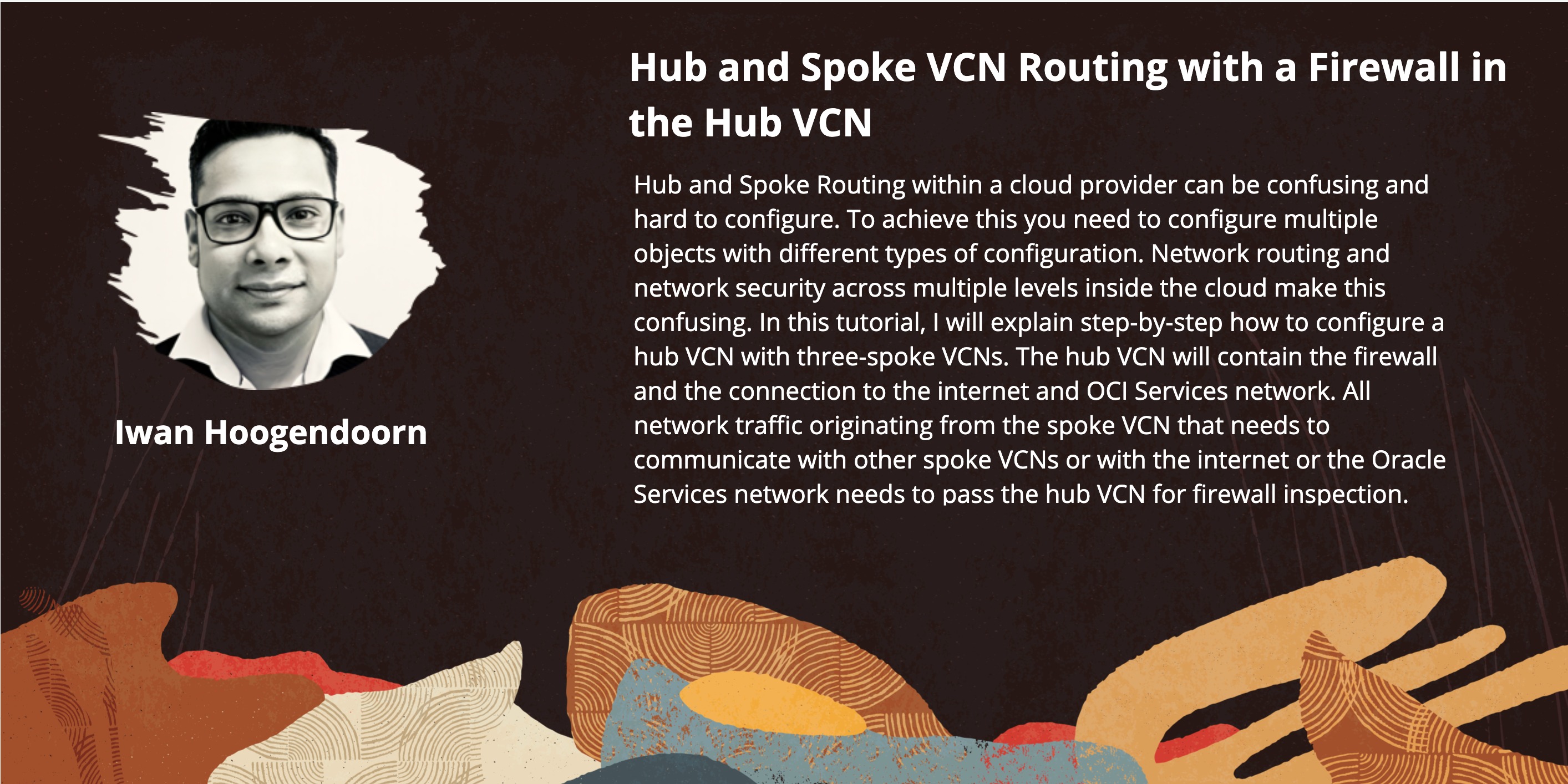

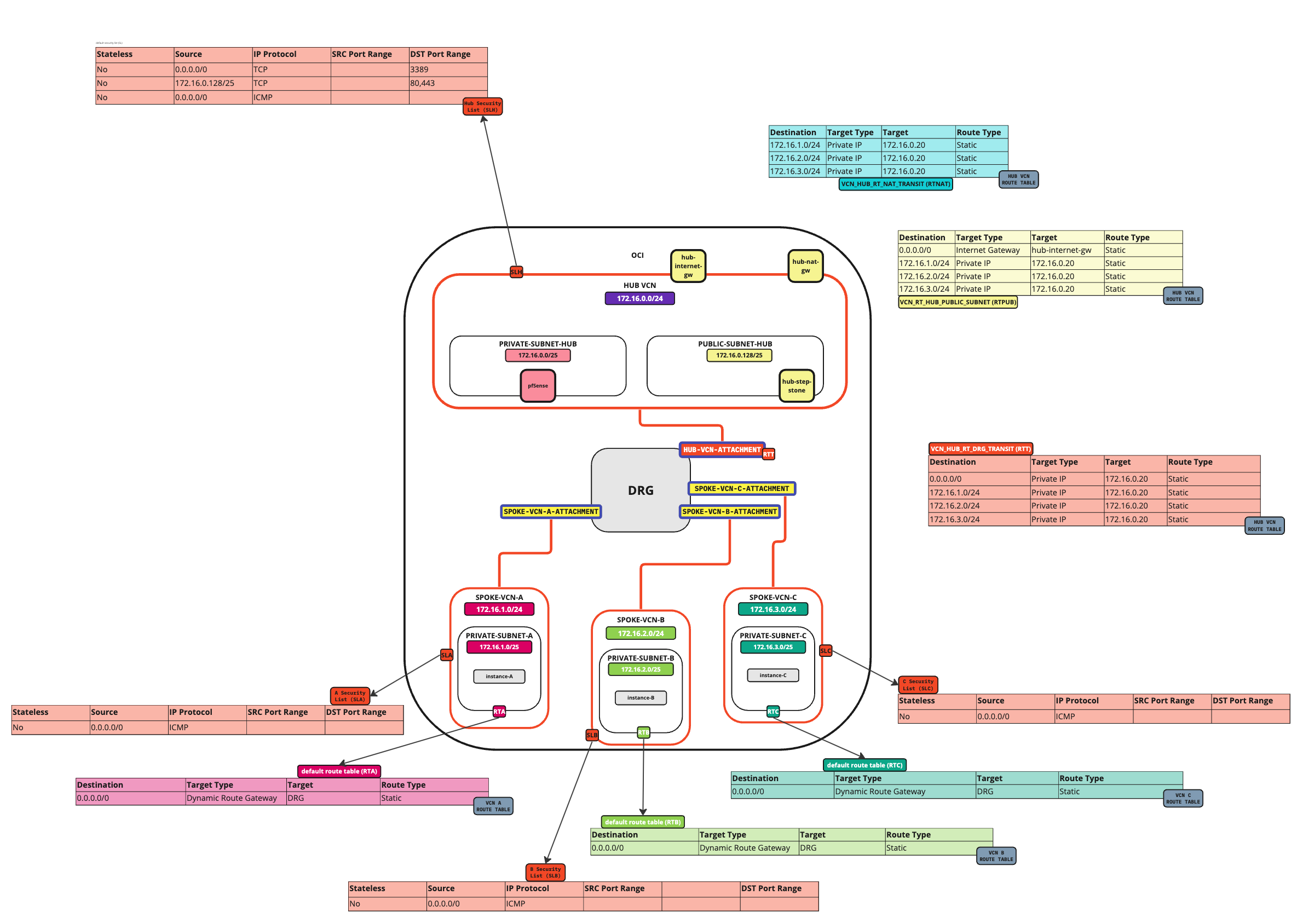

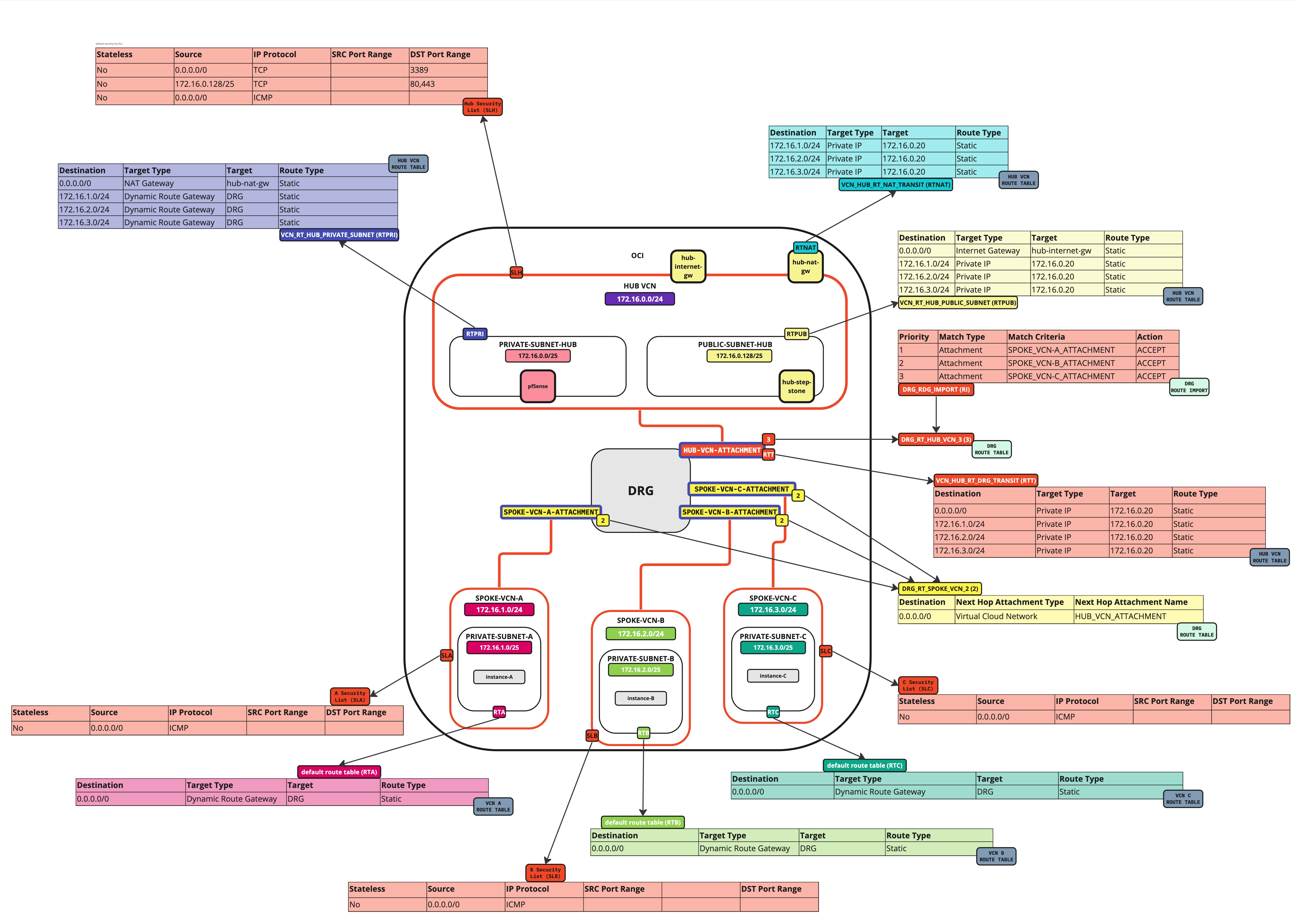

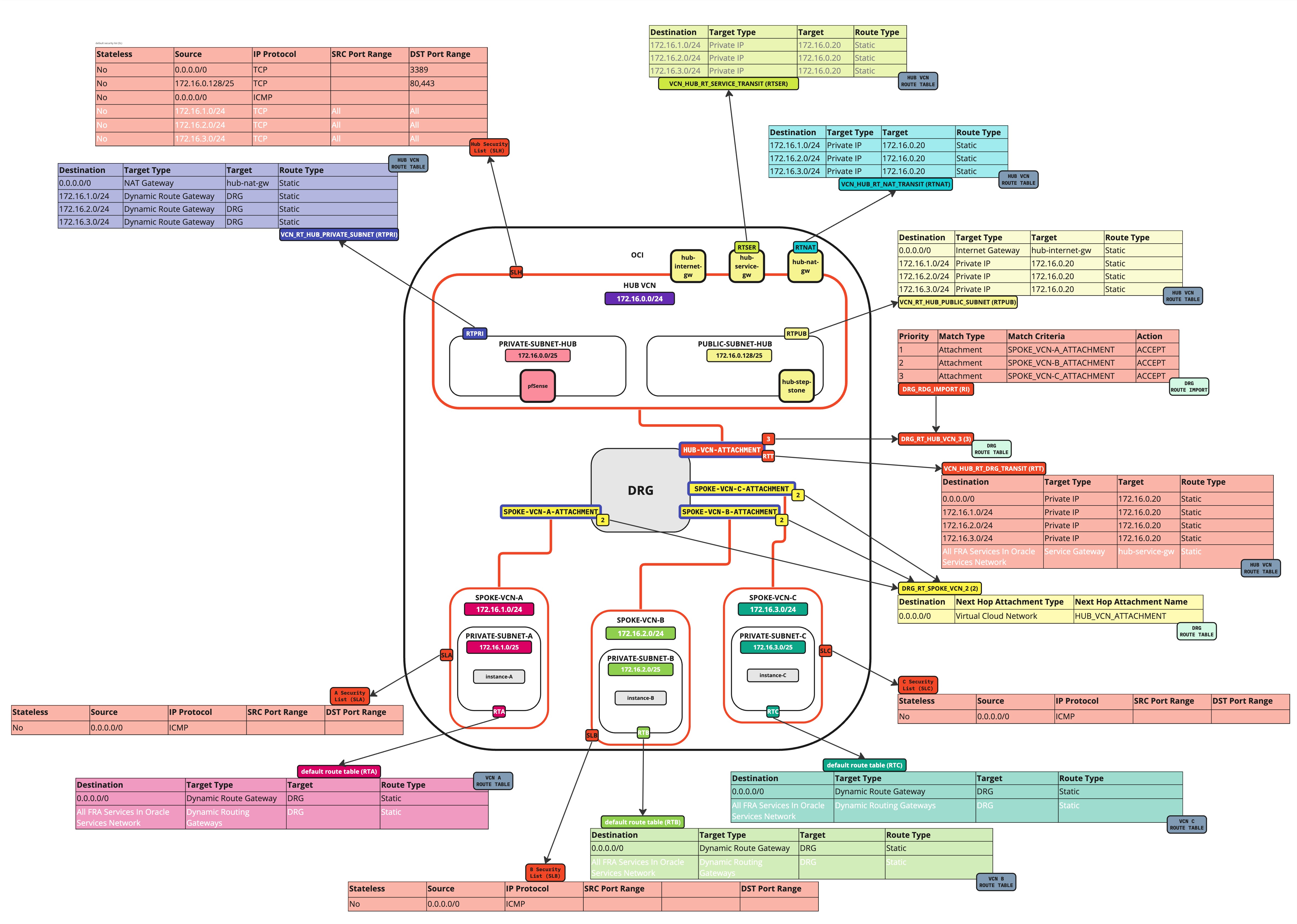

허브 VCN에 pfSense 방화벽이 있는 허브 및 스포크 VCN 라우팅

소개

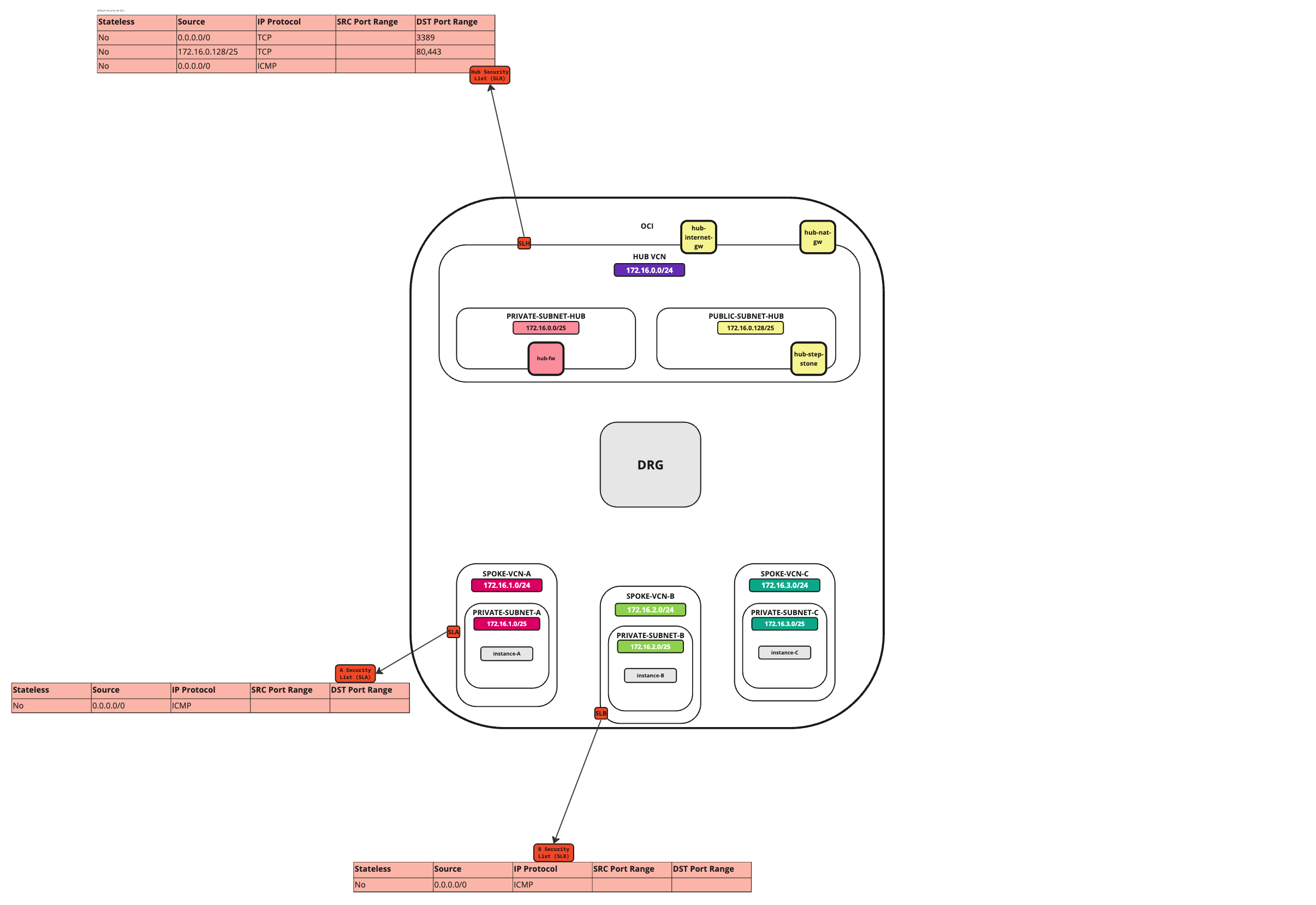

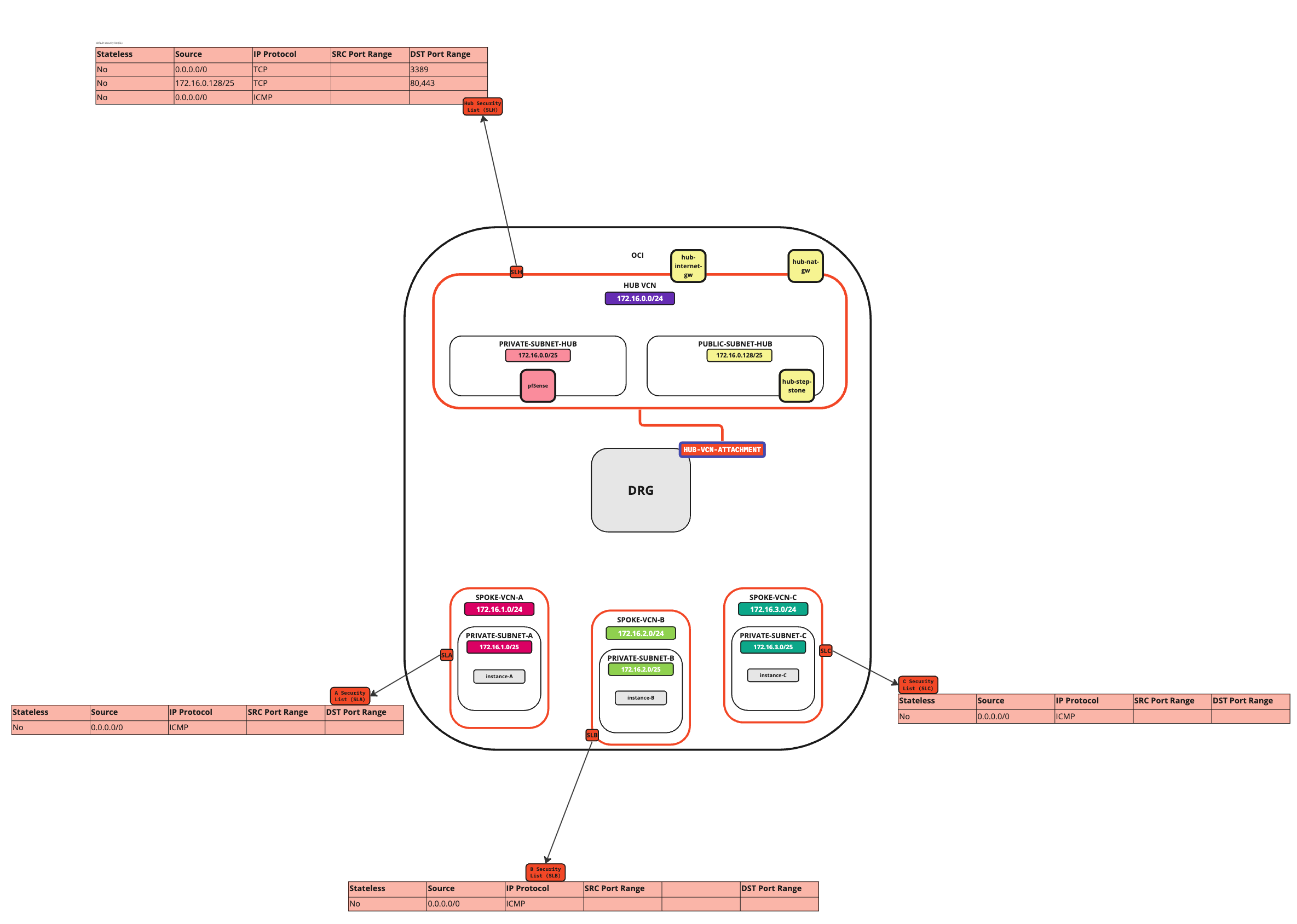

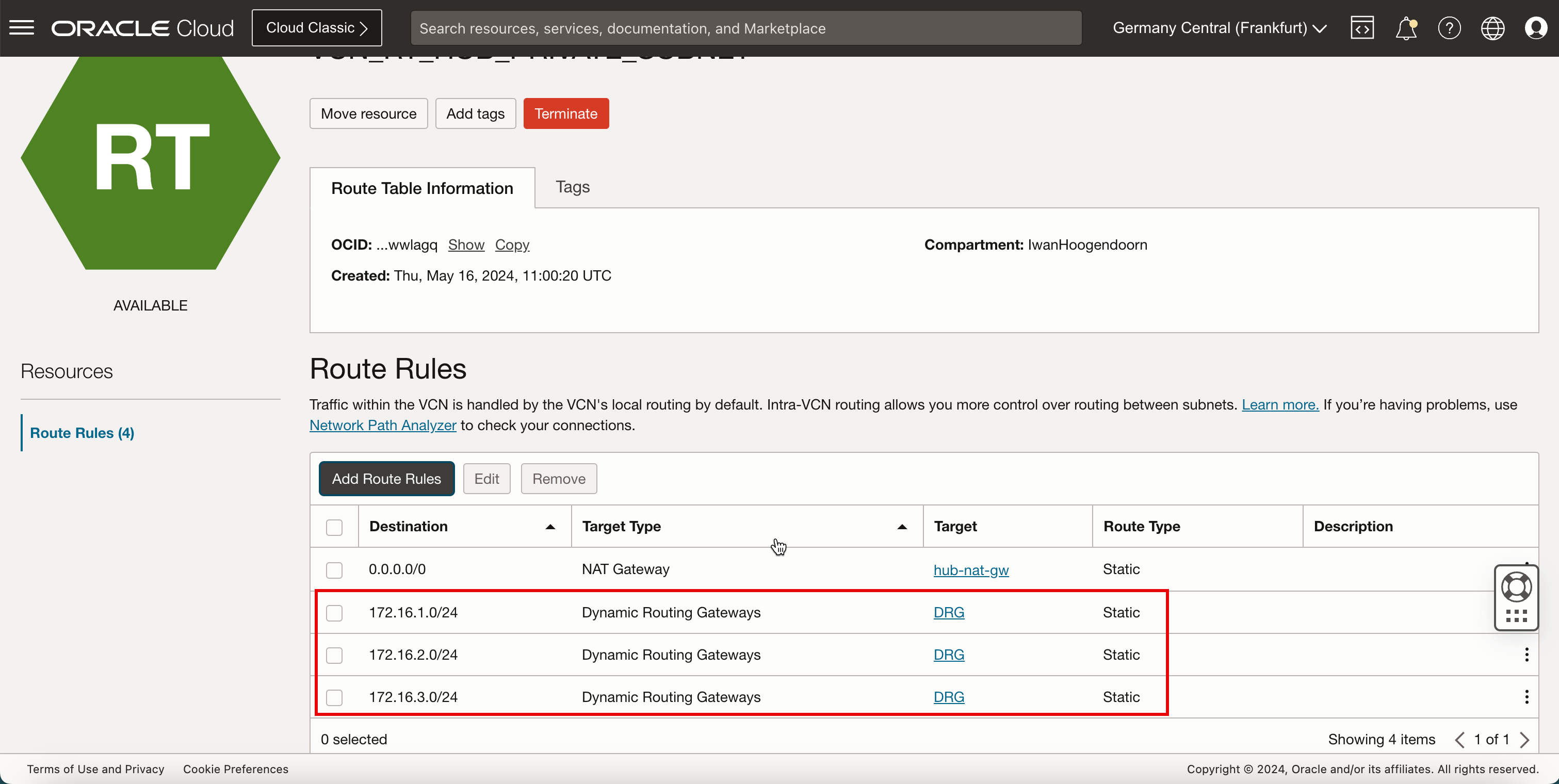

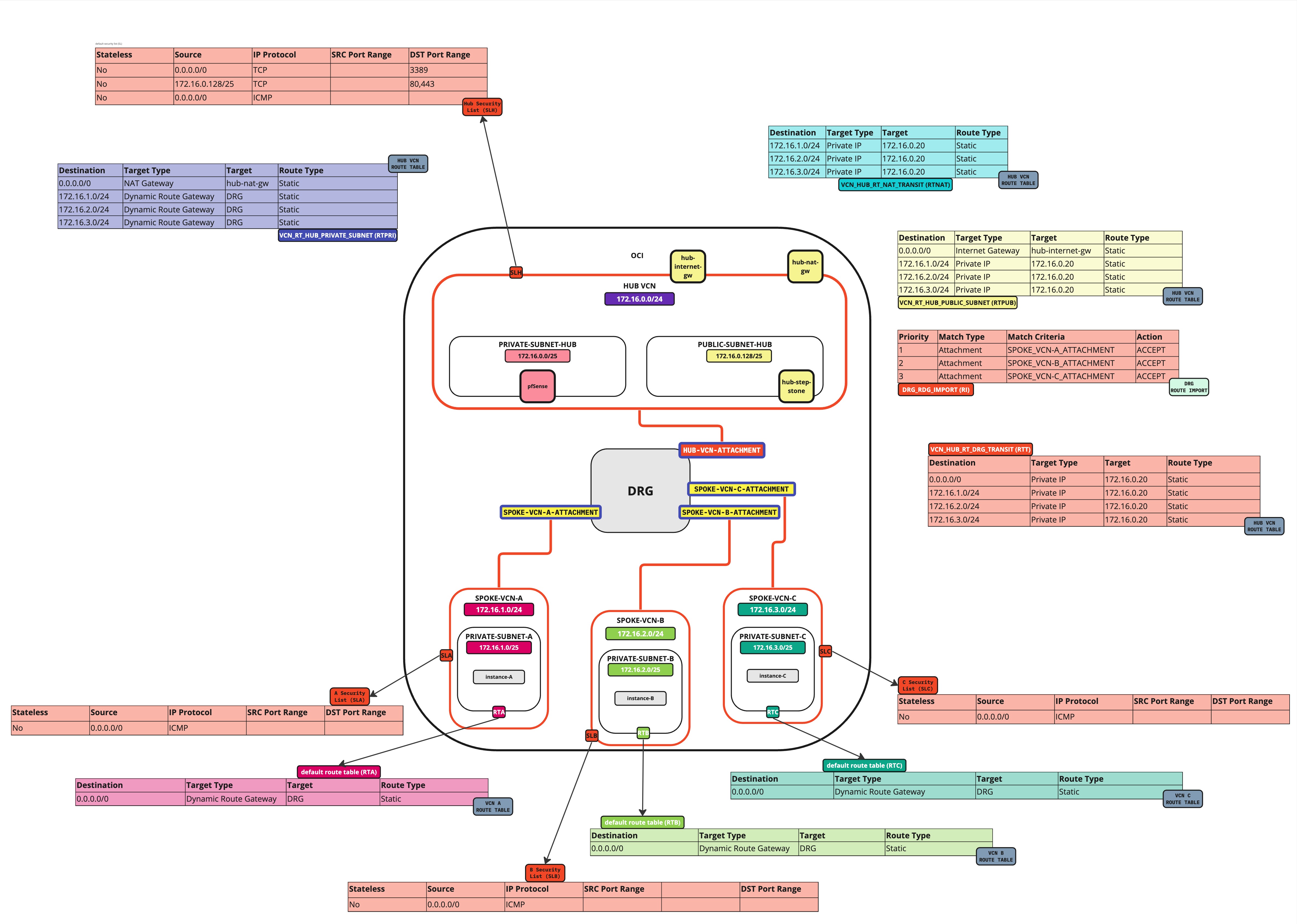

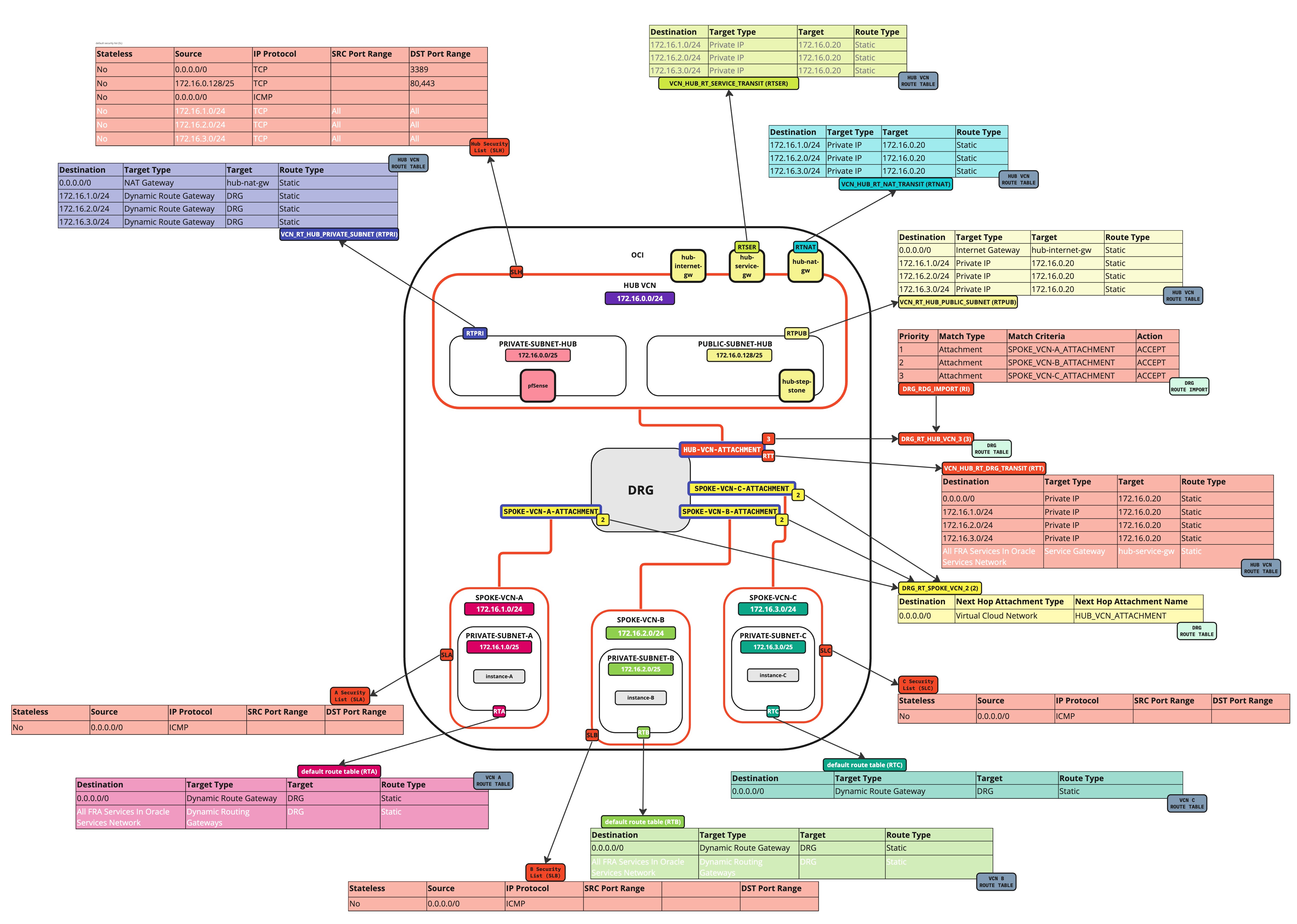

클라우드 제공업체 내의 허브 및 스포크 라우팅은 혼란스럽고 구성하기 어려울 수 있습니다. 이를 위해서는 다양한 유형의 구성으로 여러 객체를 구성해야 합니다. 클라우드 내 여러 레벨의 네트워크 라우팅 및 네트워크 보안은 이러한 혼란을 야기합니다.

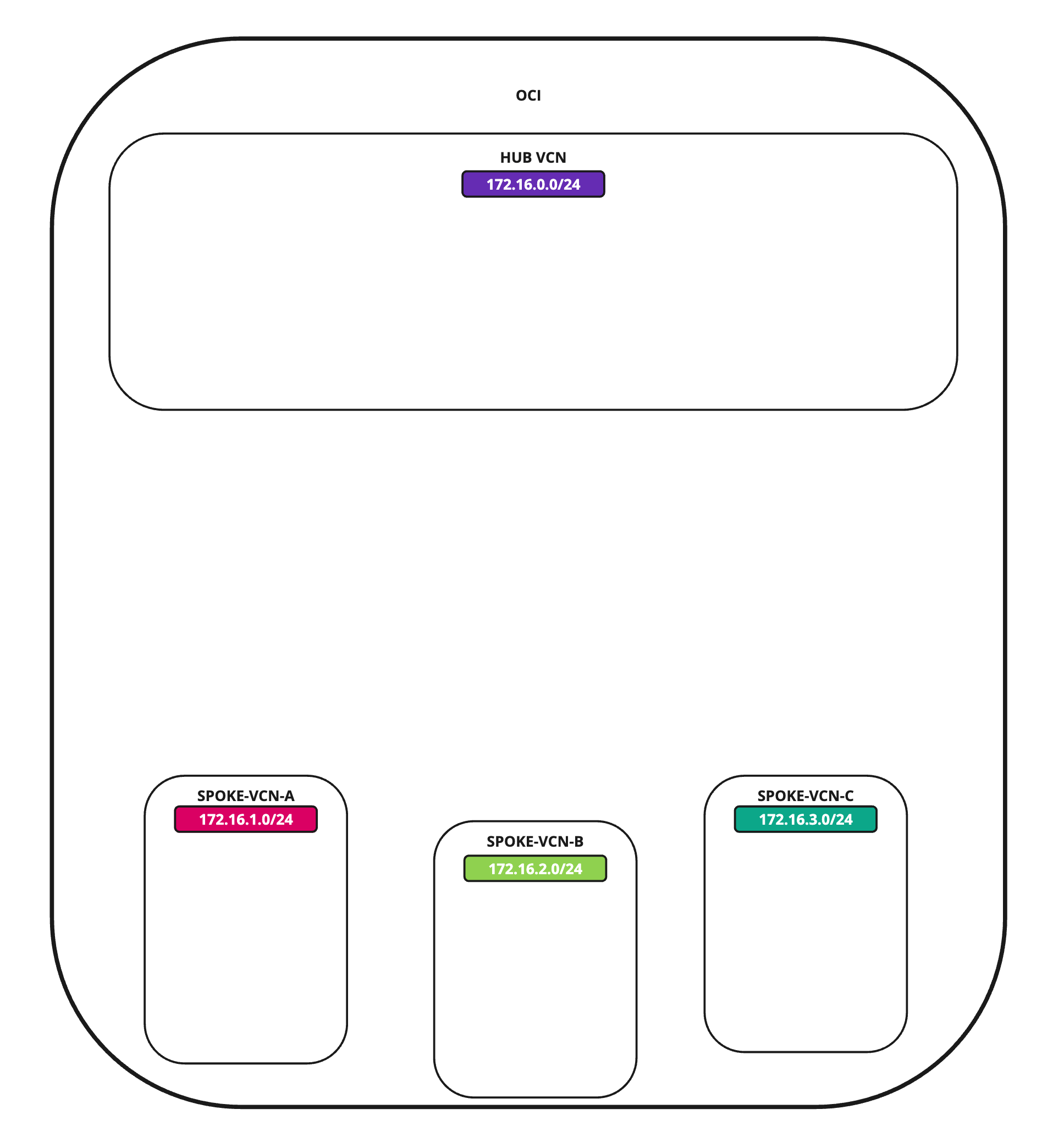

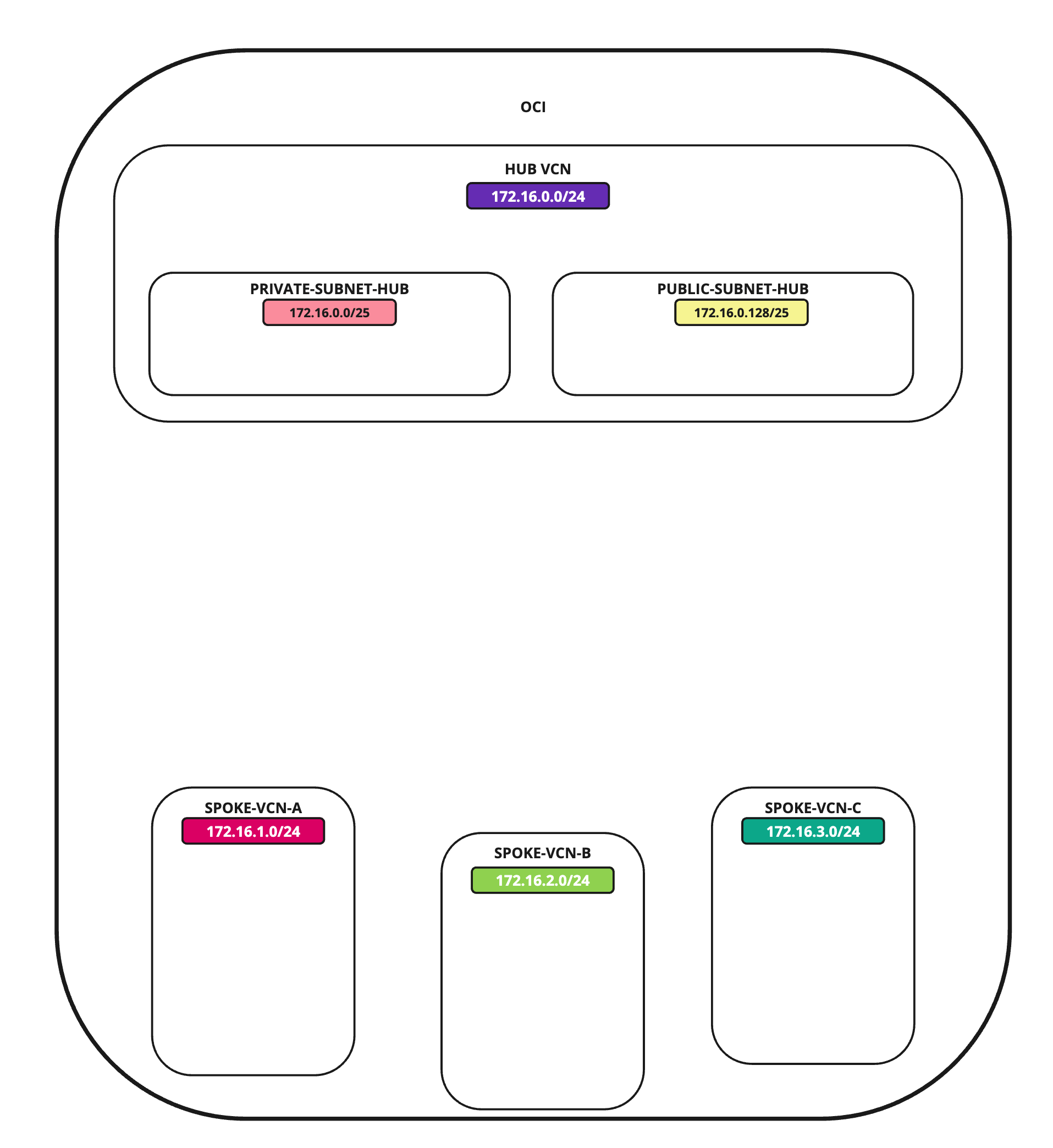

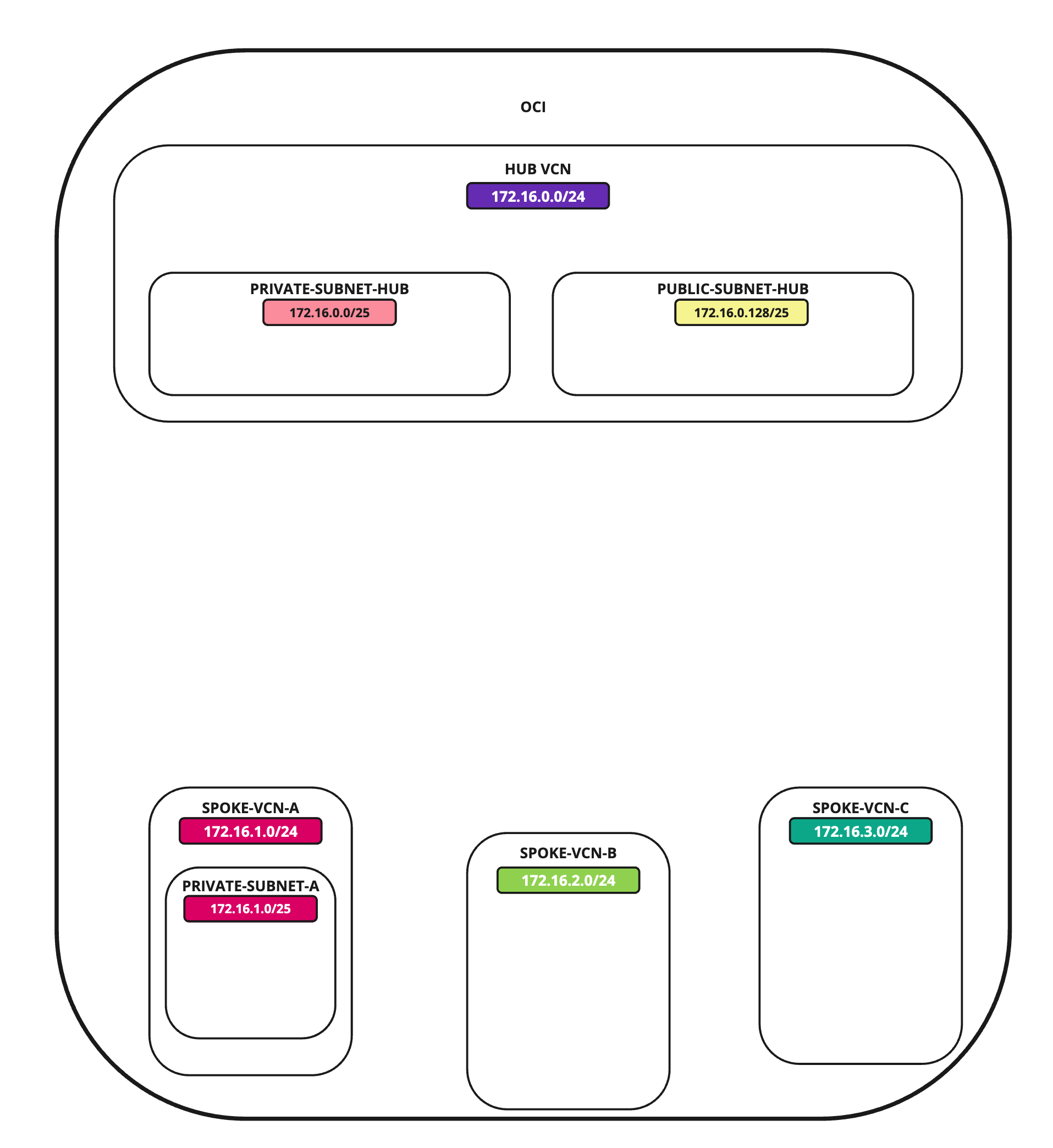

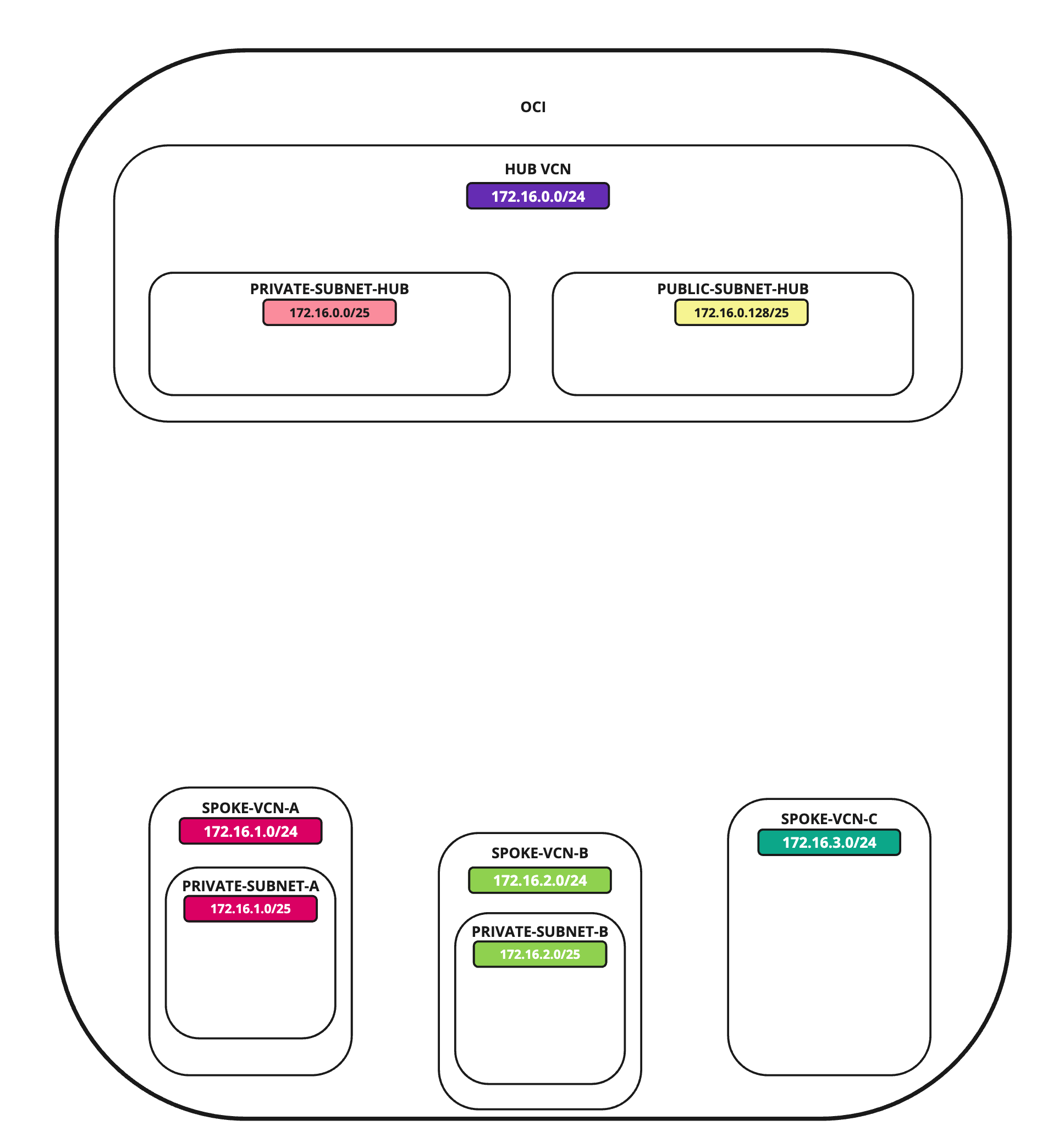

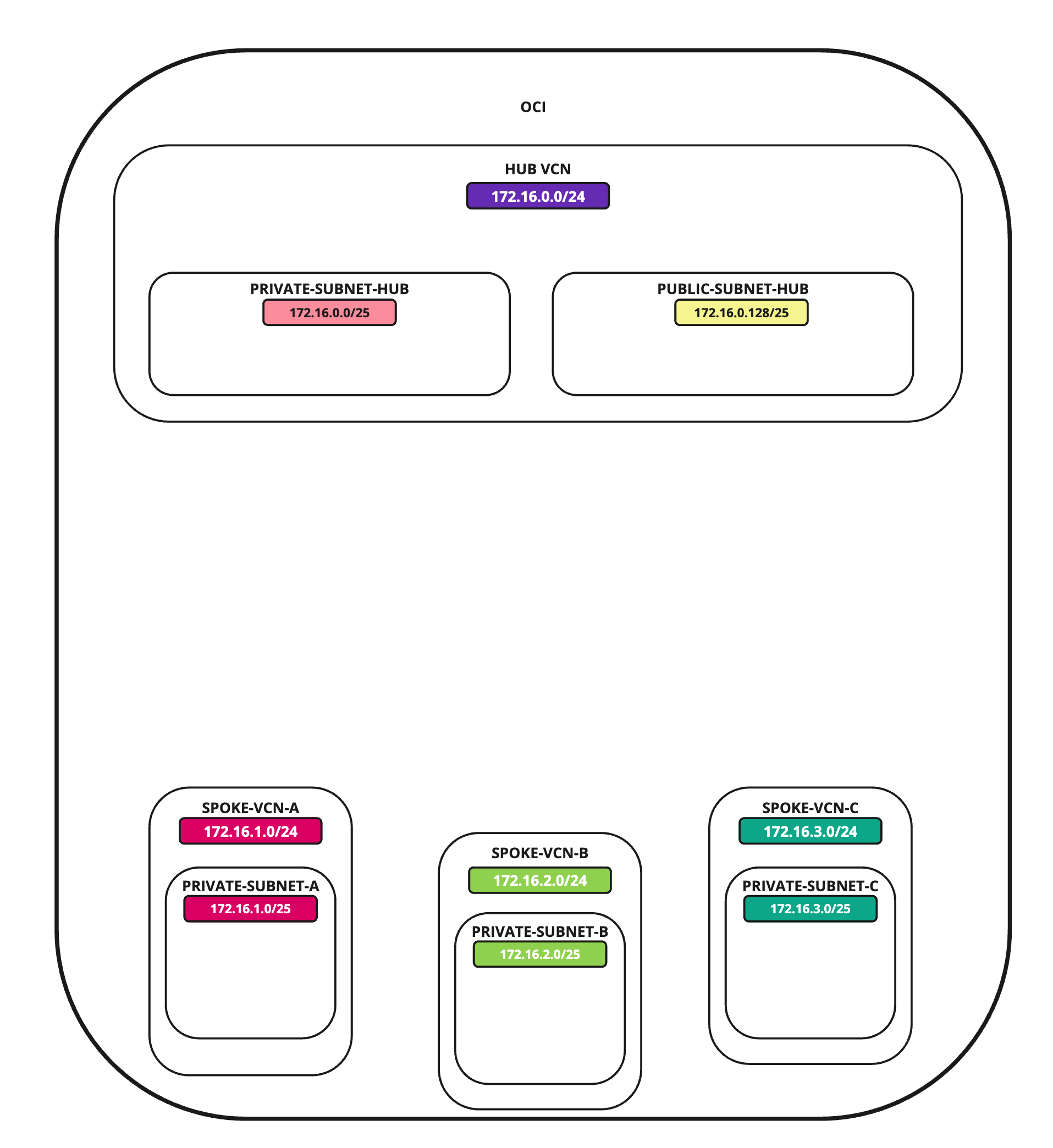

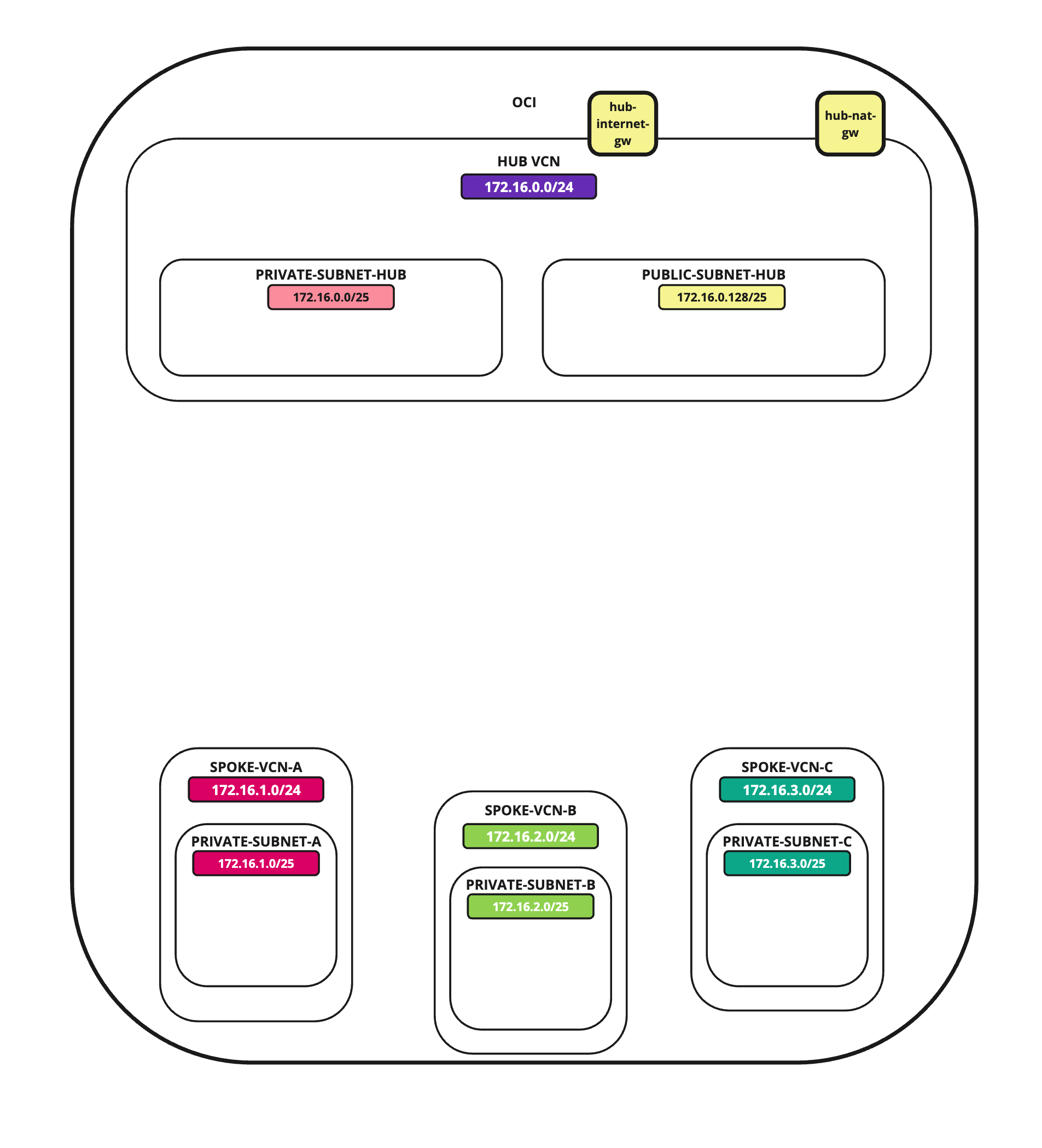

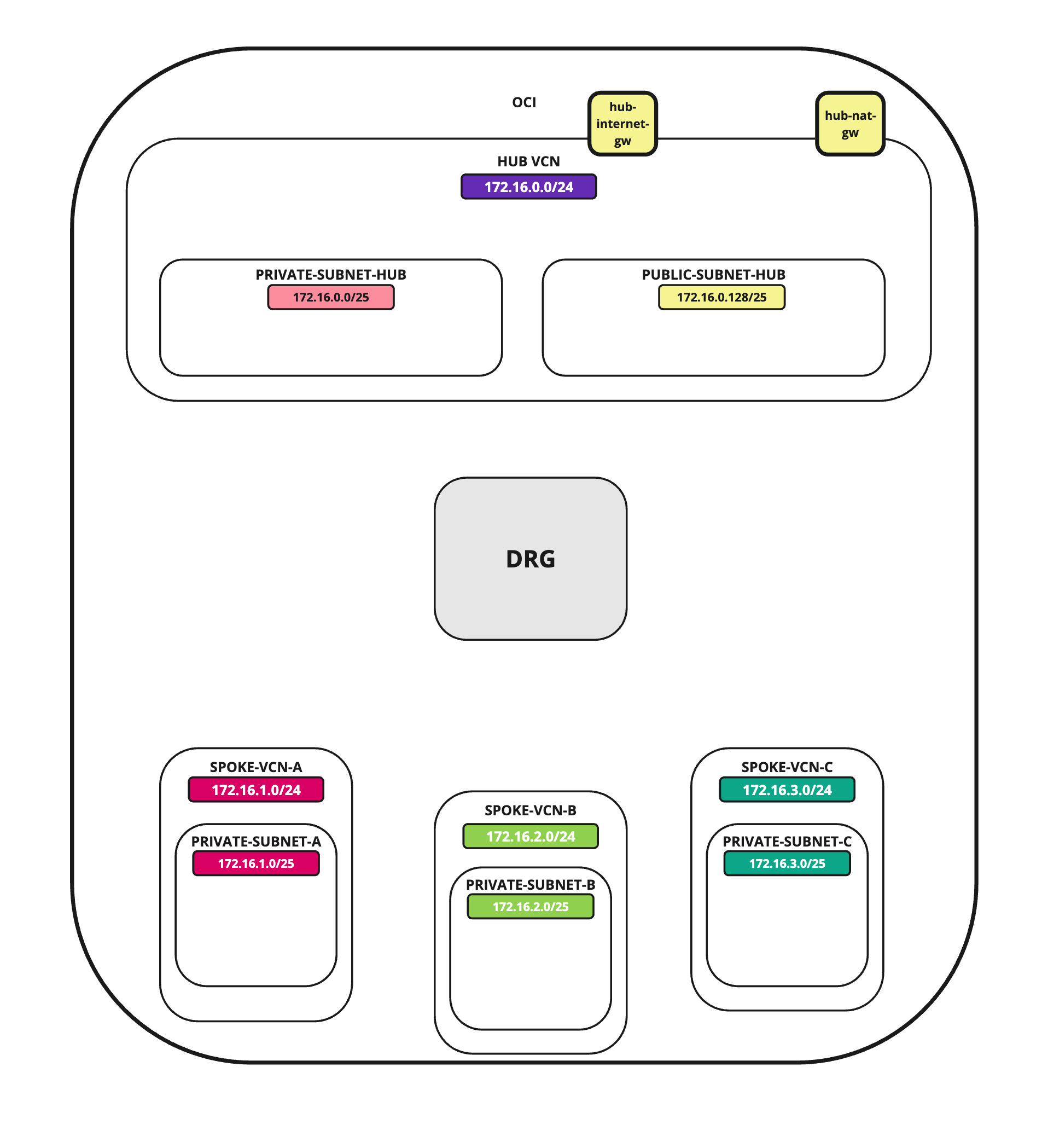

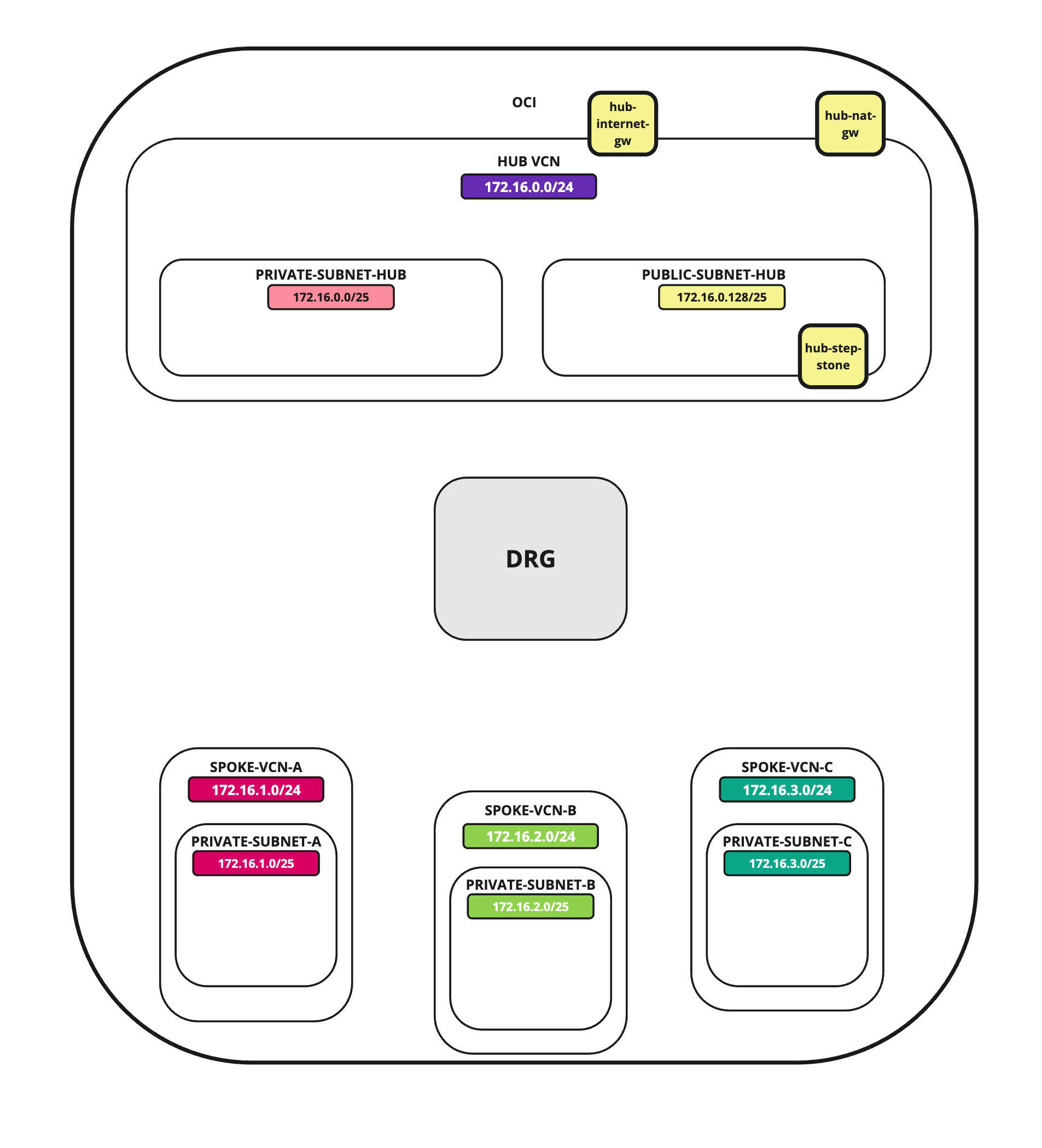

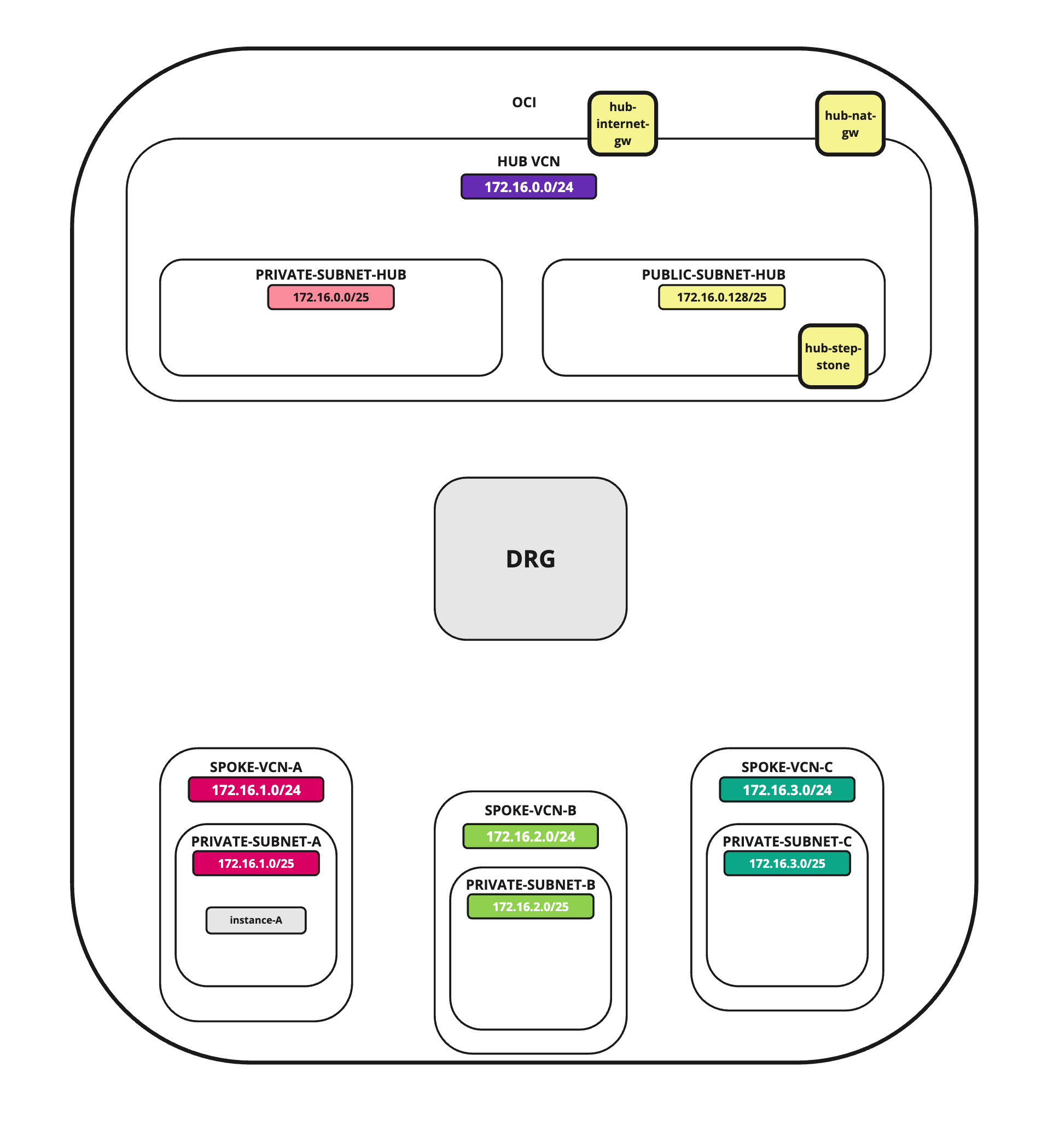

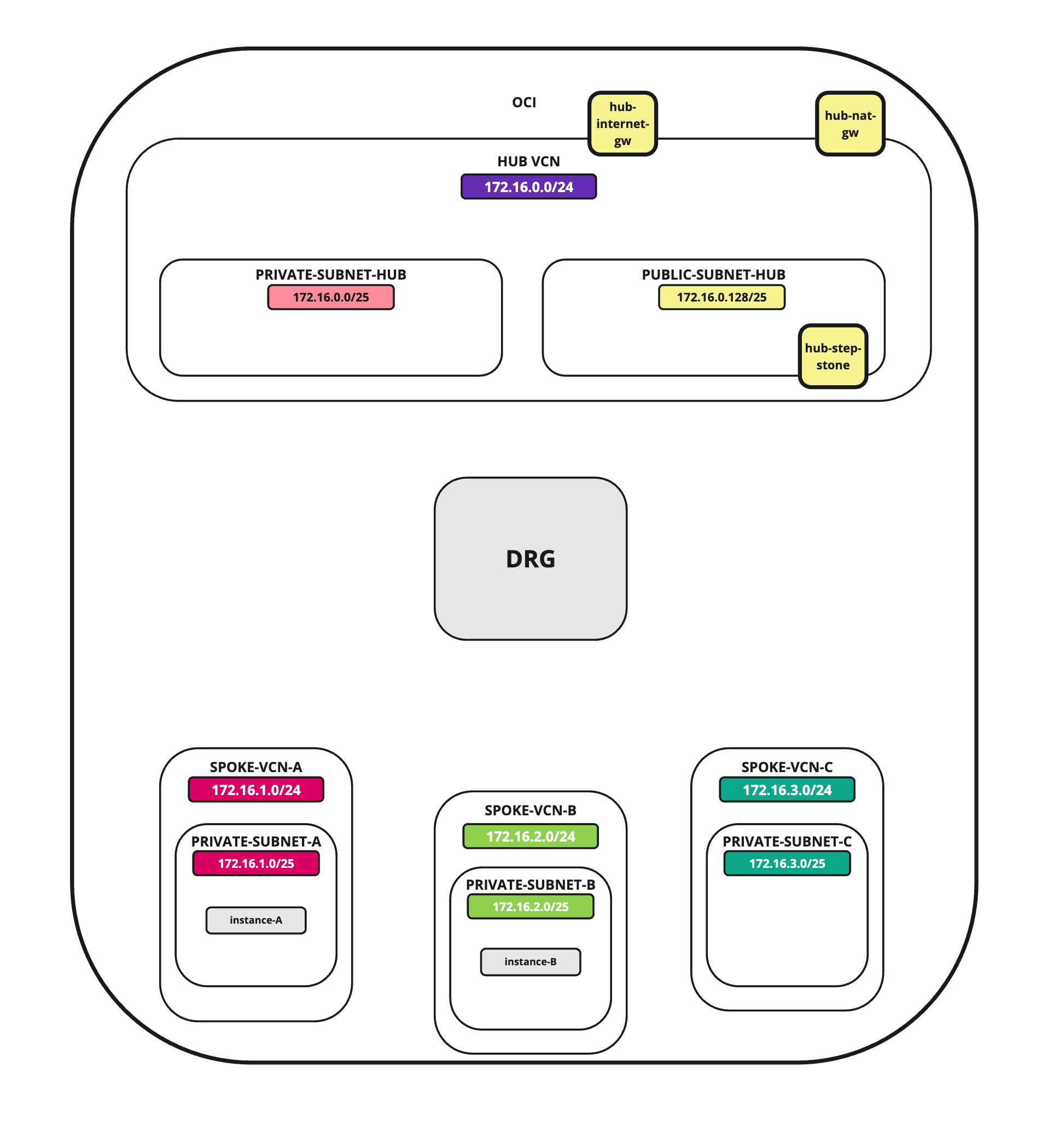

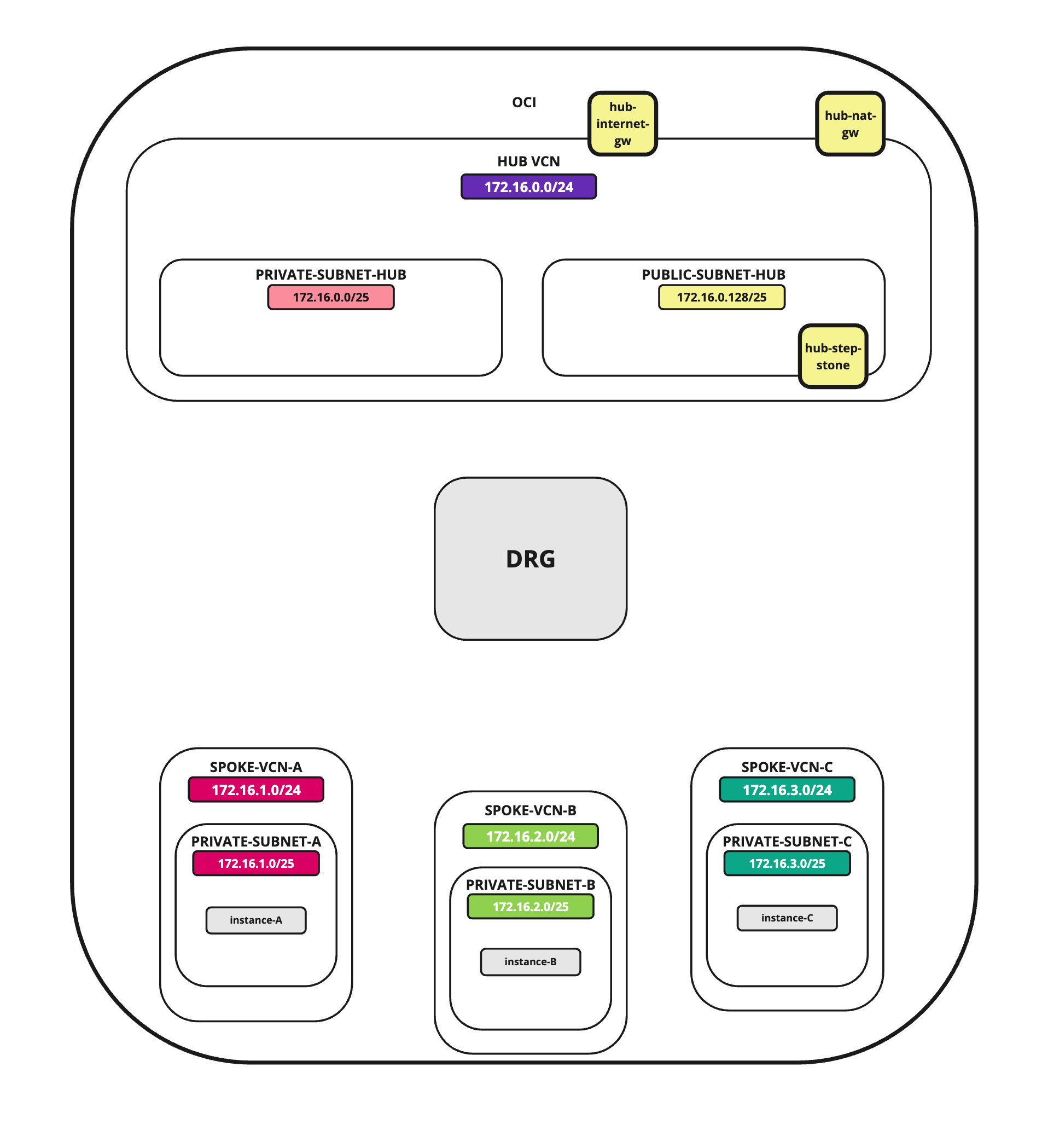

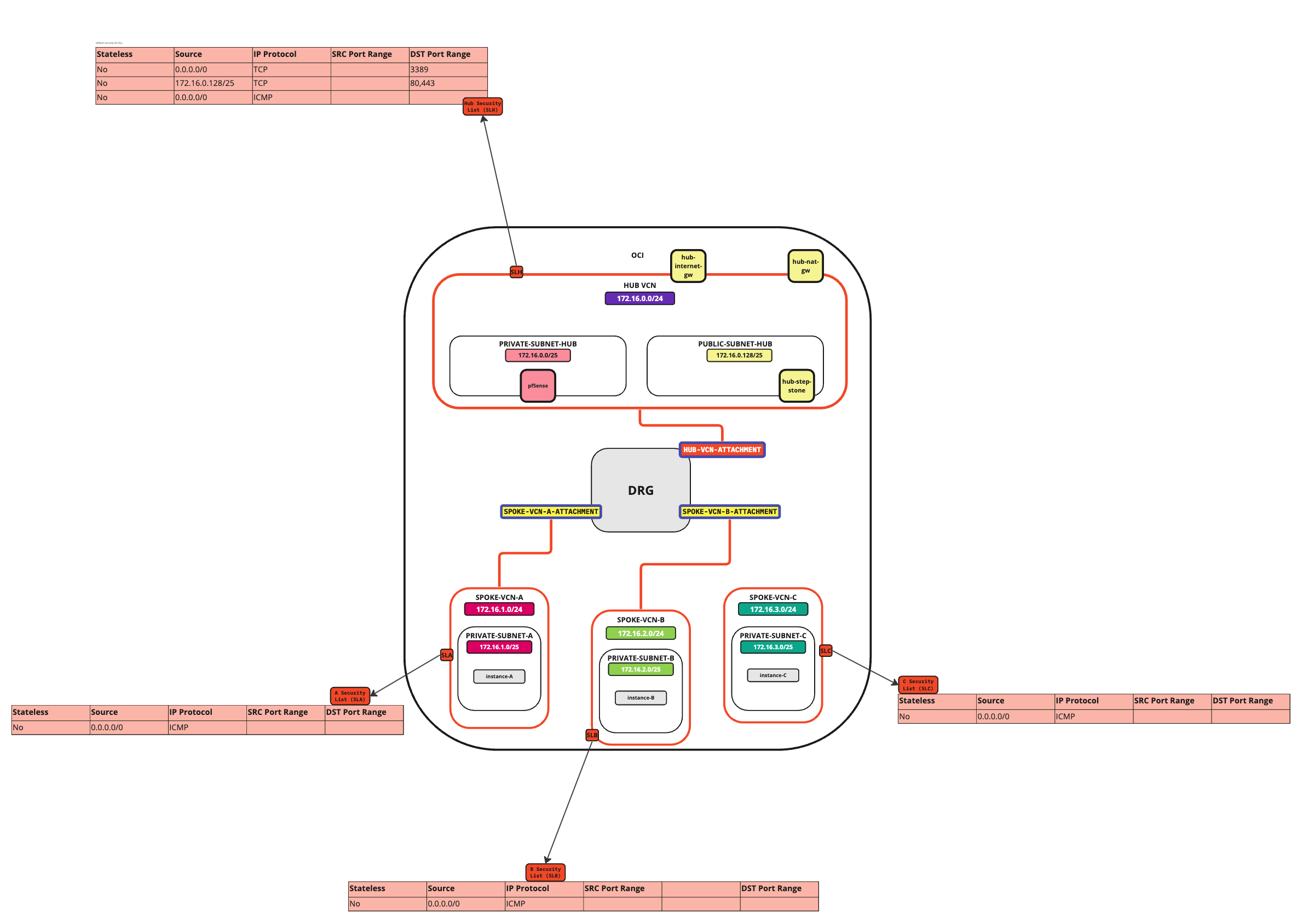

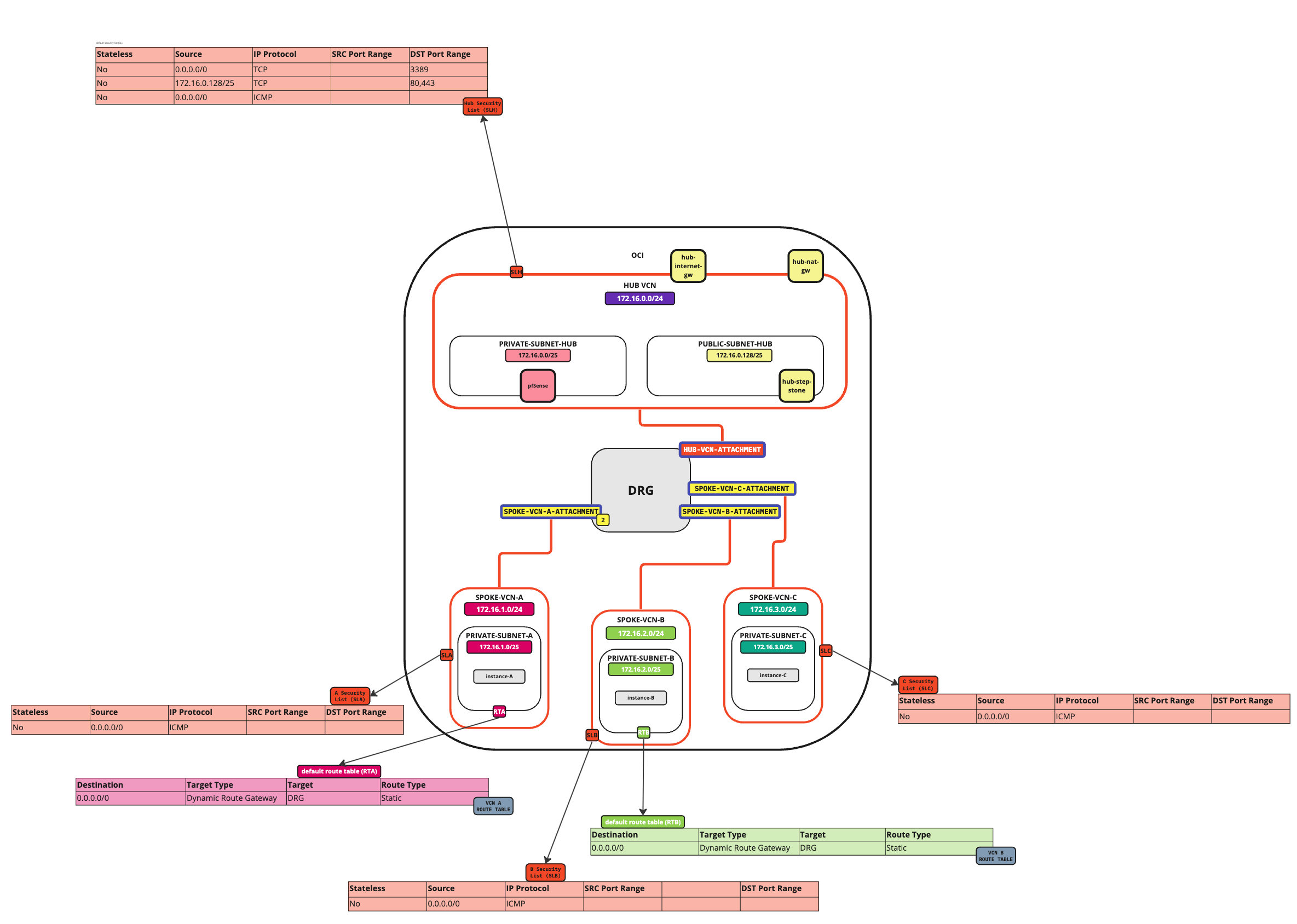

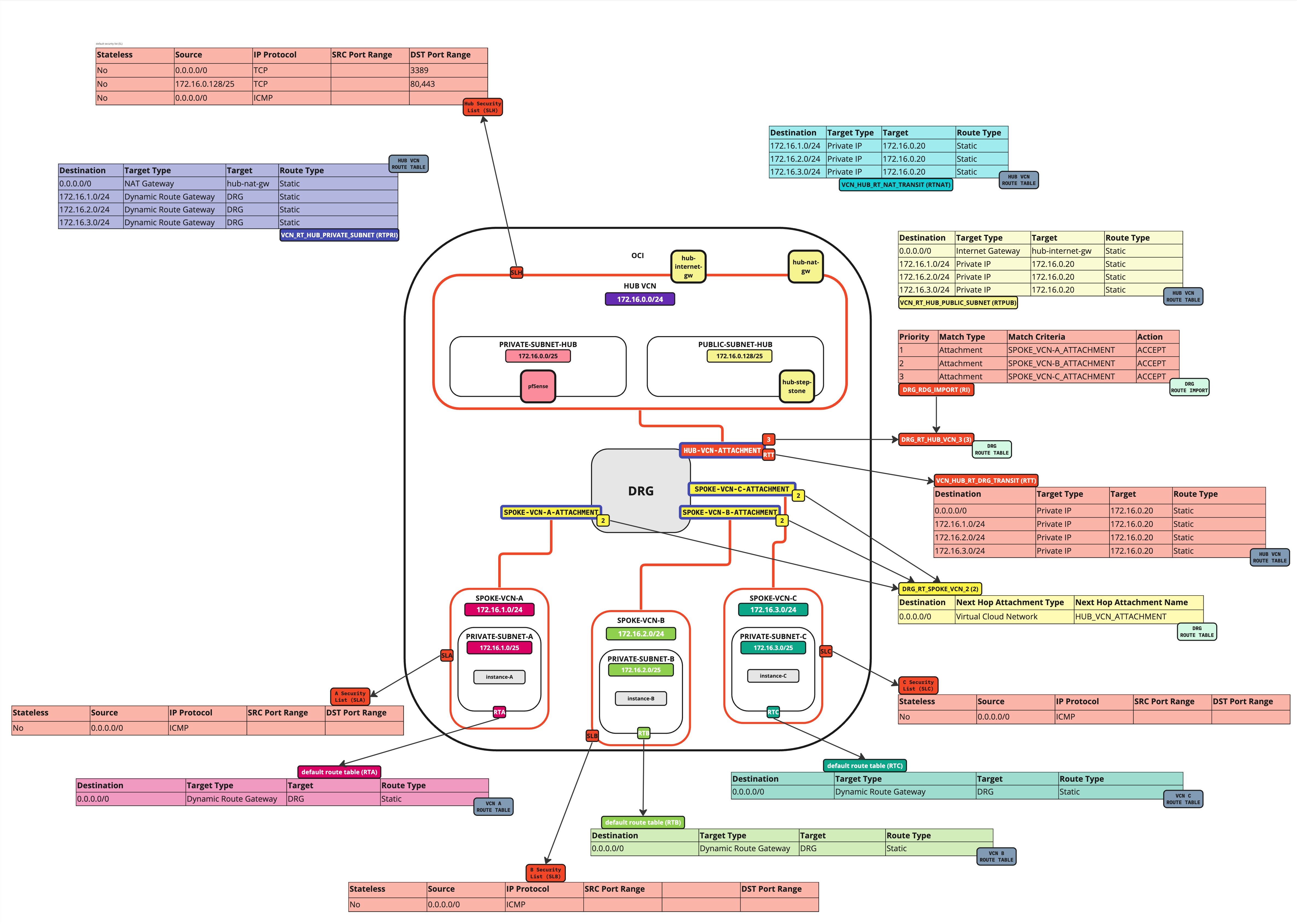

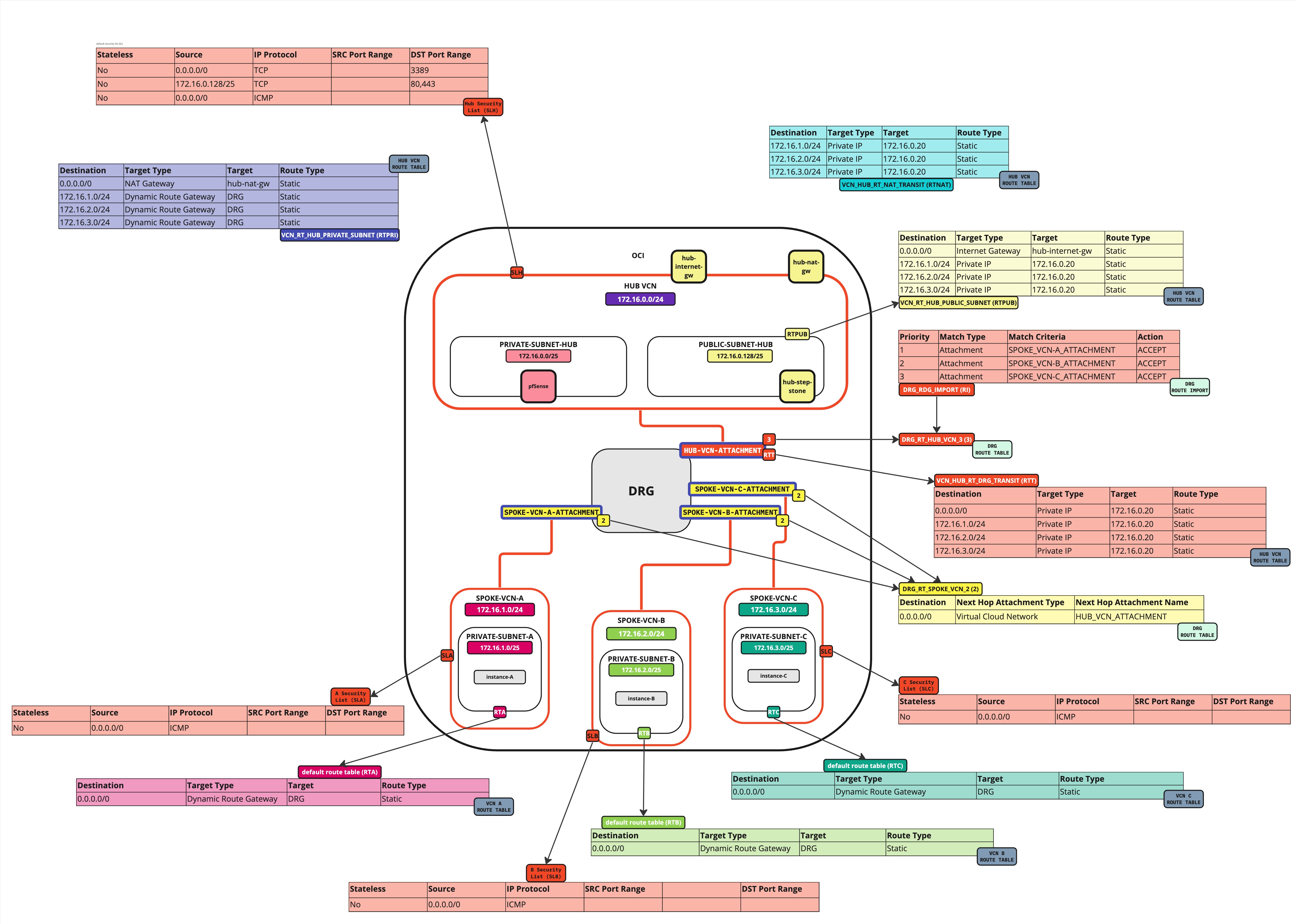

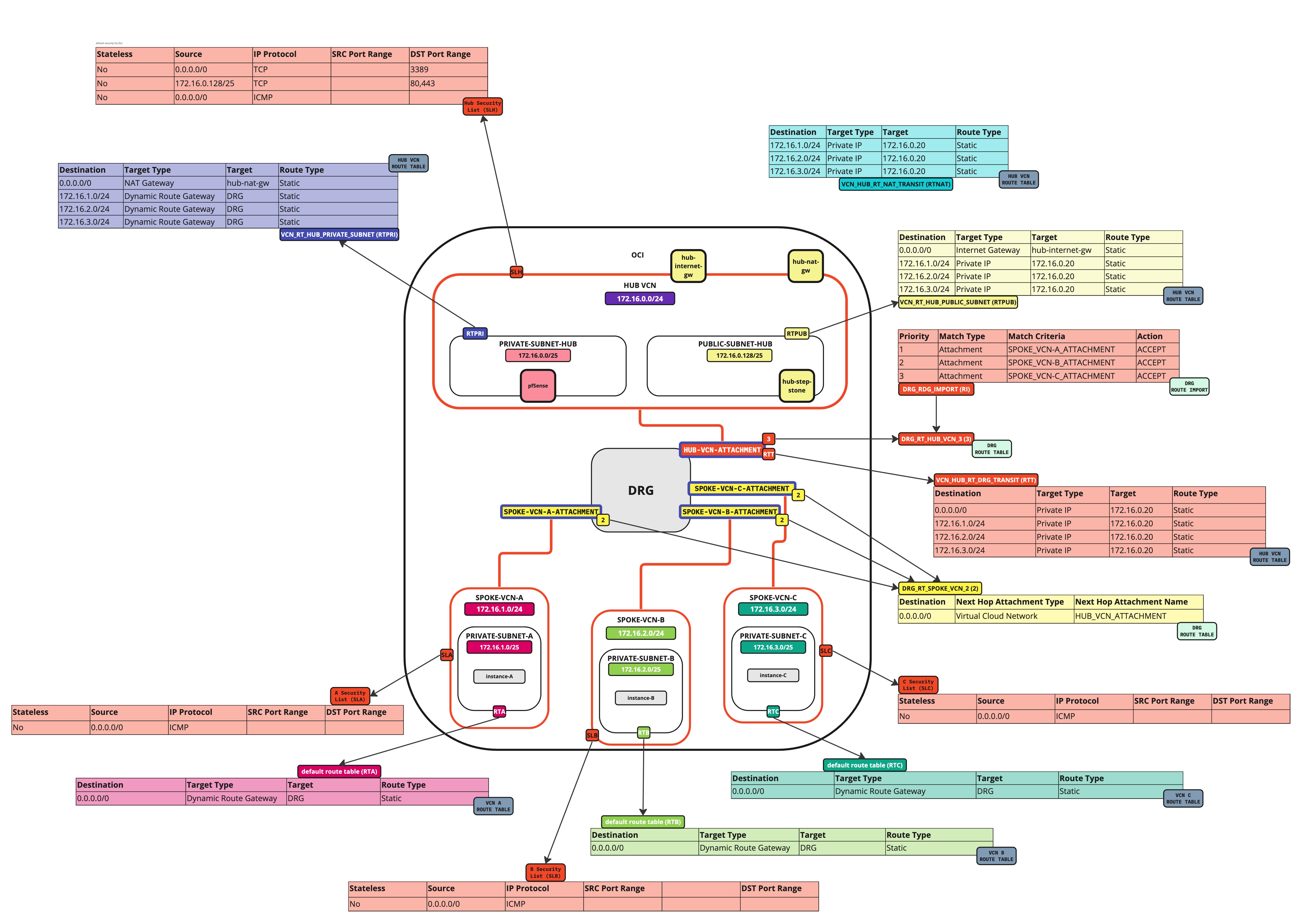

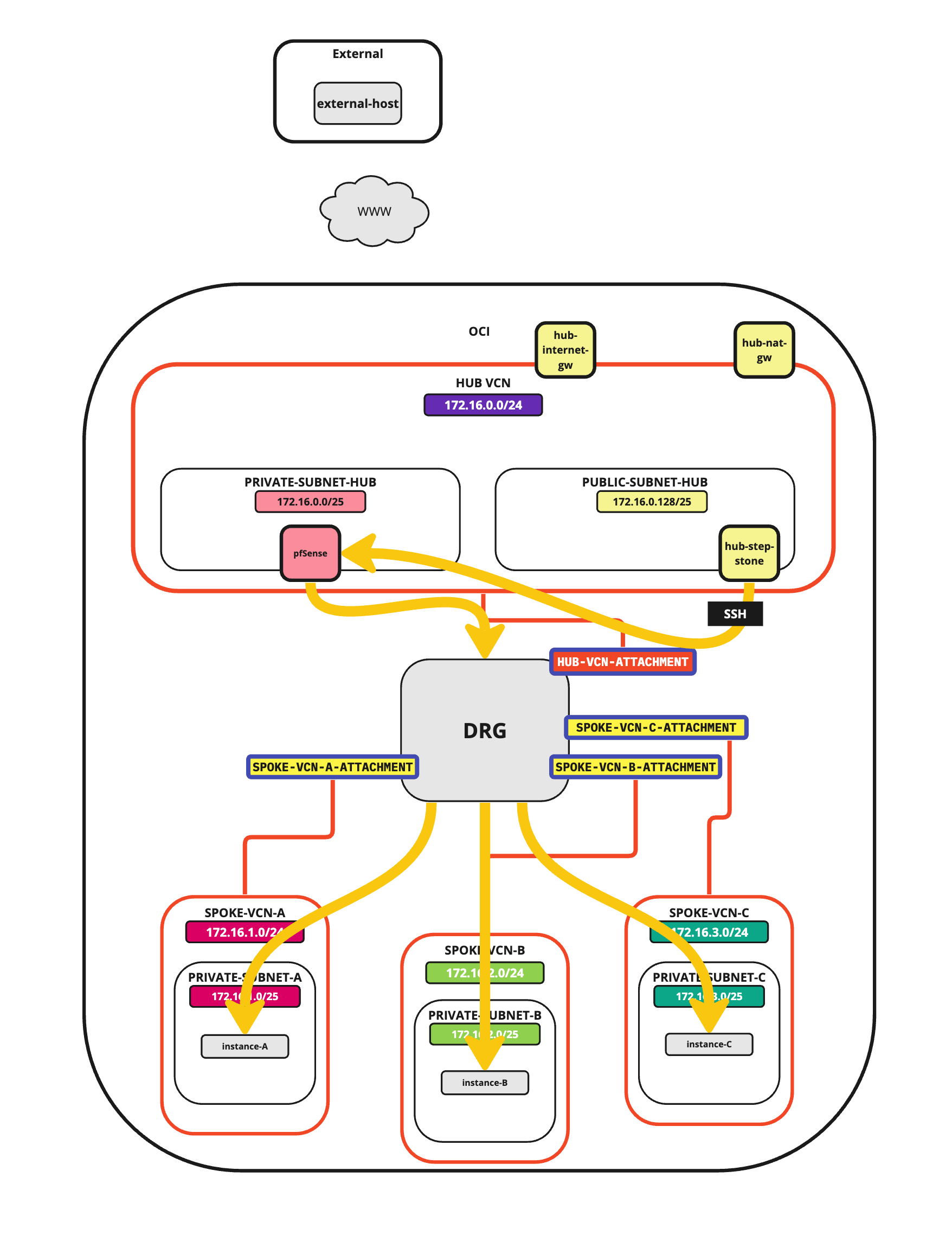

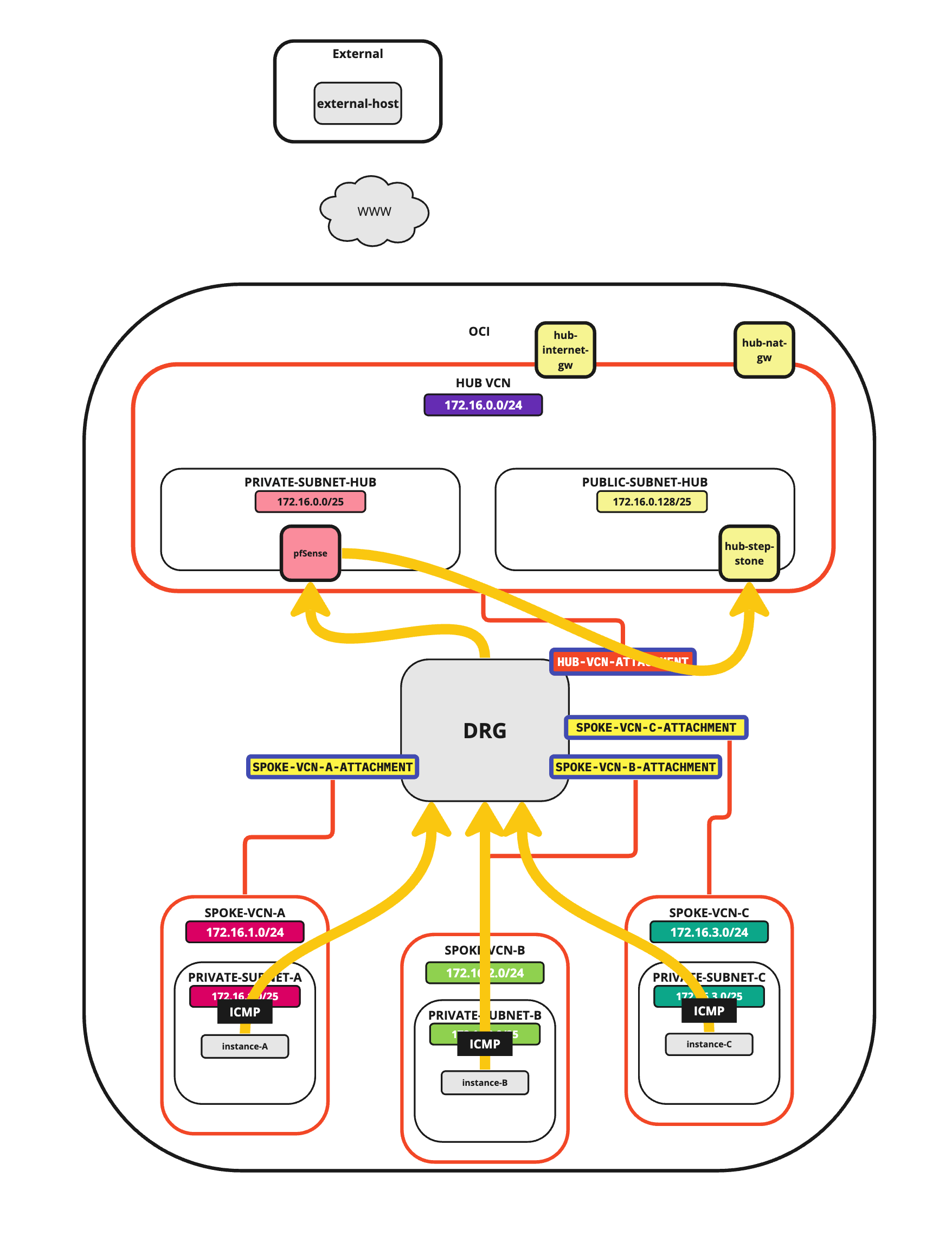

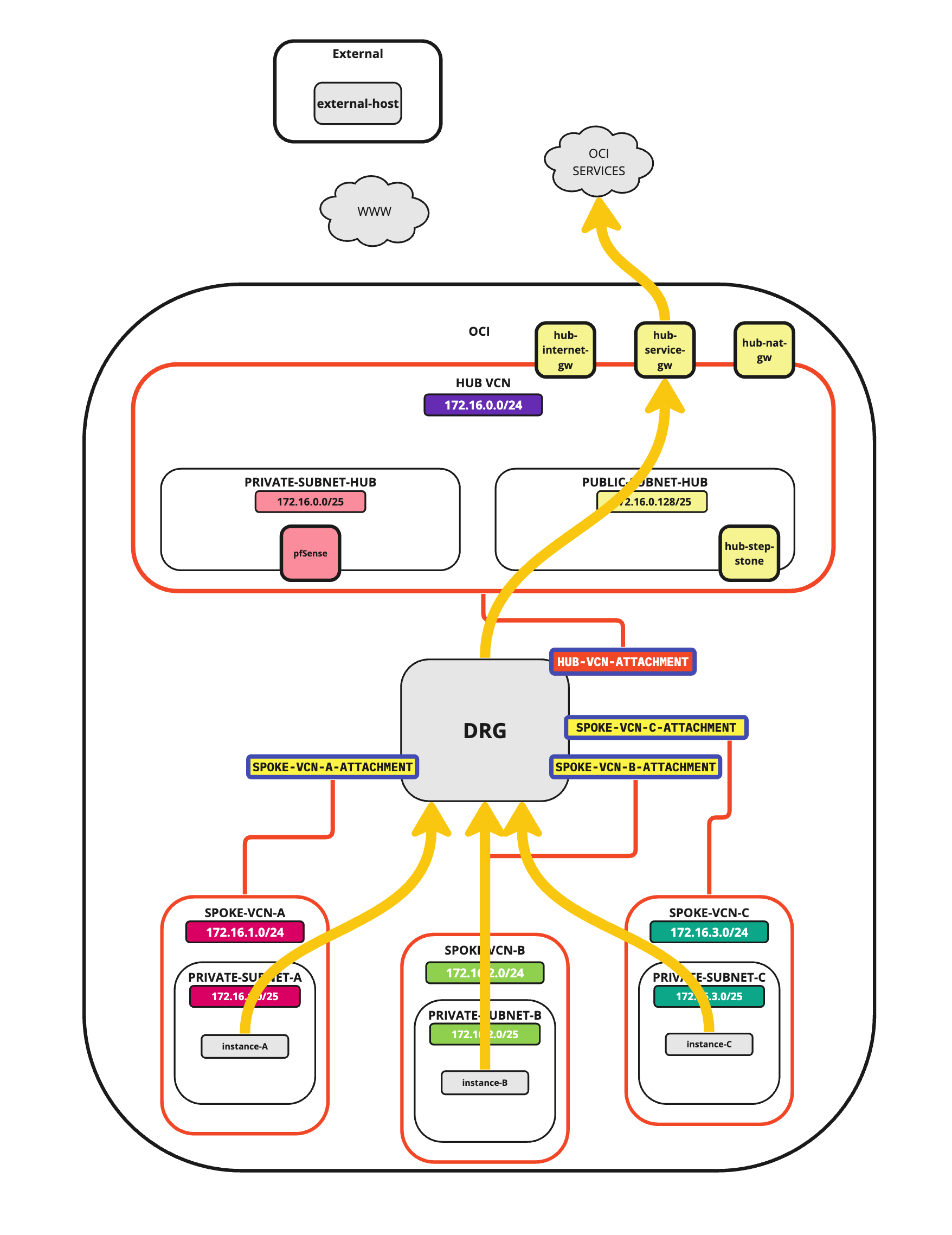

이 자습서에서는 3스포크 VCN으로 허브 VCN을 구성하는 방법에 대해 설명합니다. 허브 VCN에는 pfSense 방화벽과 인터넷 및 OCI 서비스 네트워크에 대한 접속이 포함됩니다. 다른 스포크 VCN이나 인터넷 또는 OCI 서비스 네트워크와 통신해야 하는 스포크 VCN에서 시작된 모든 네트워크 트래픽은 방화벽 검사를 위해 허브 VCN을 통과해야 합니다.

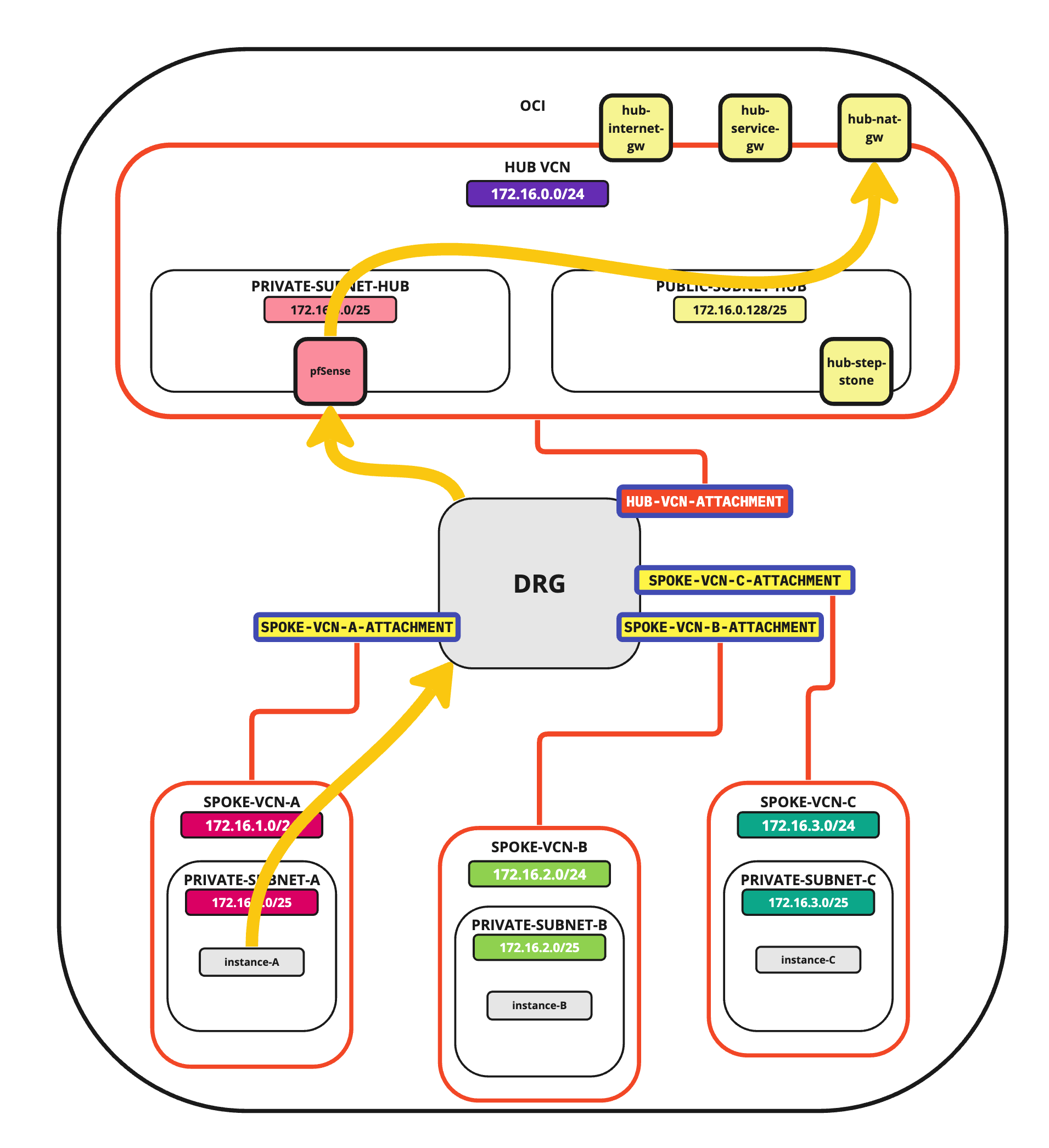

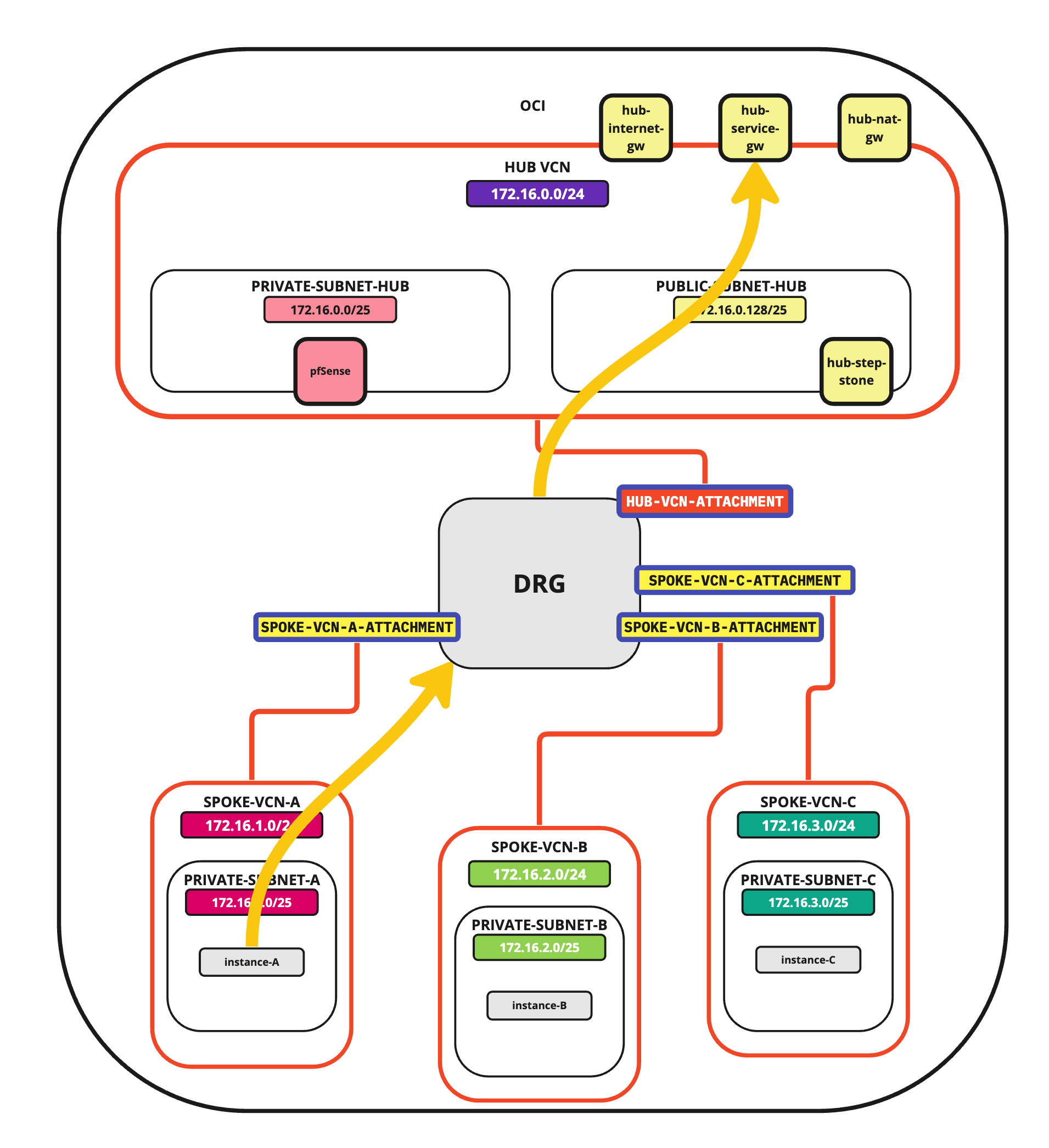

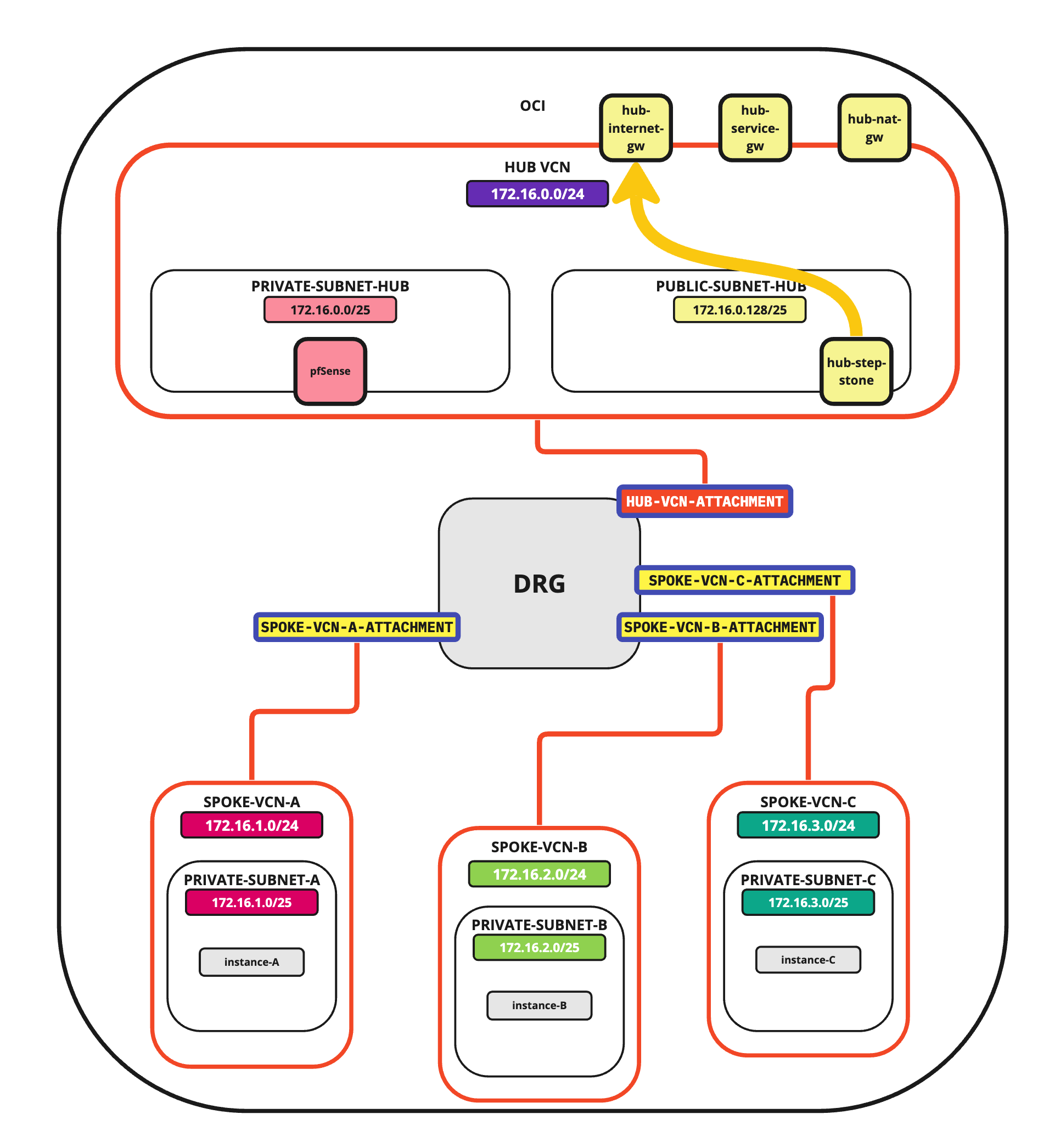

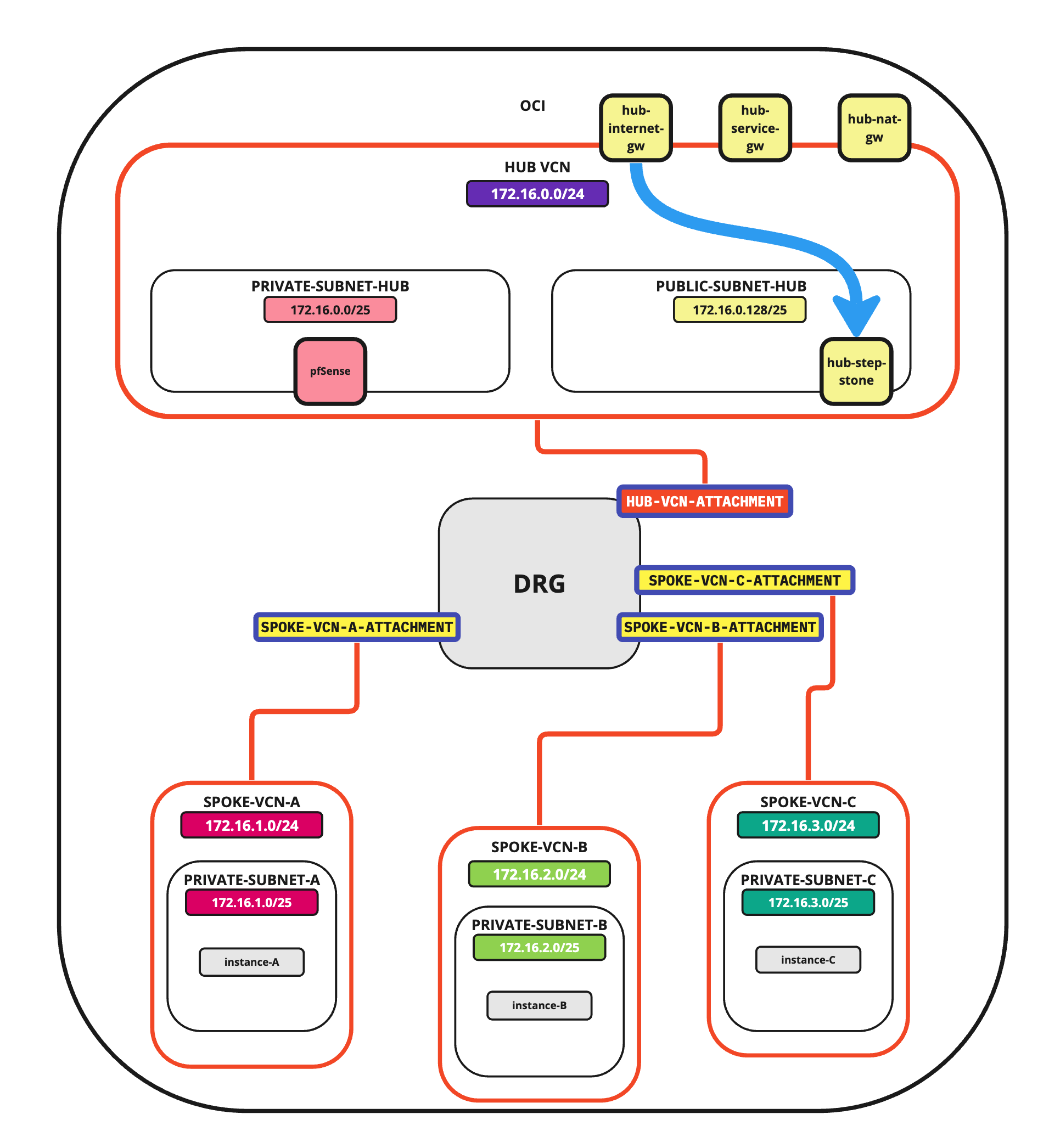

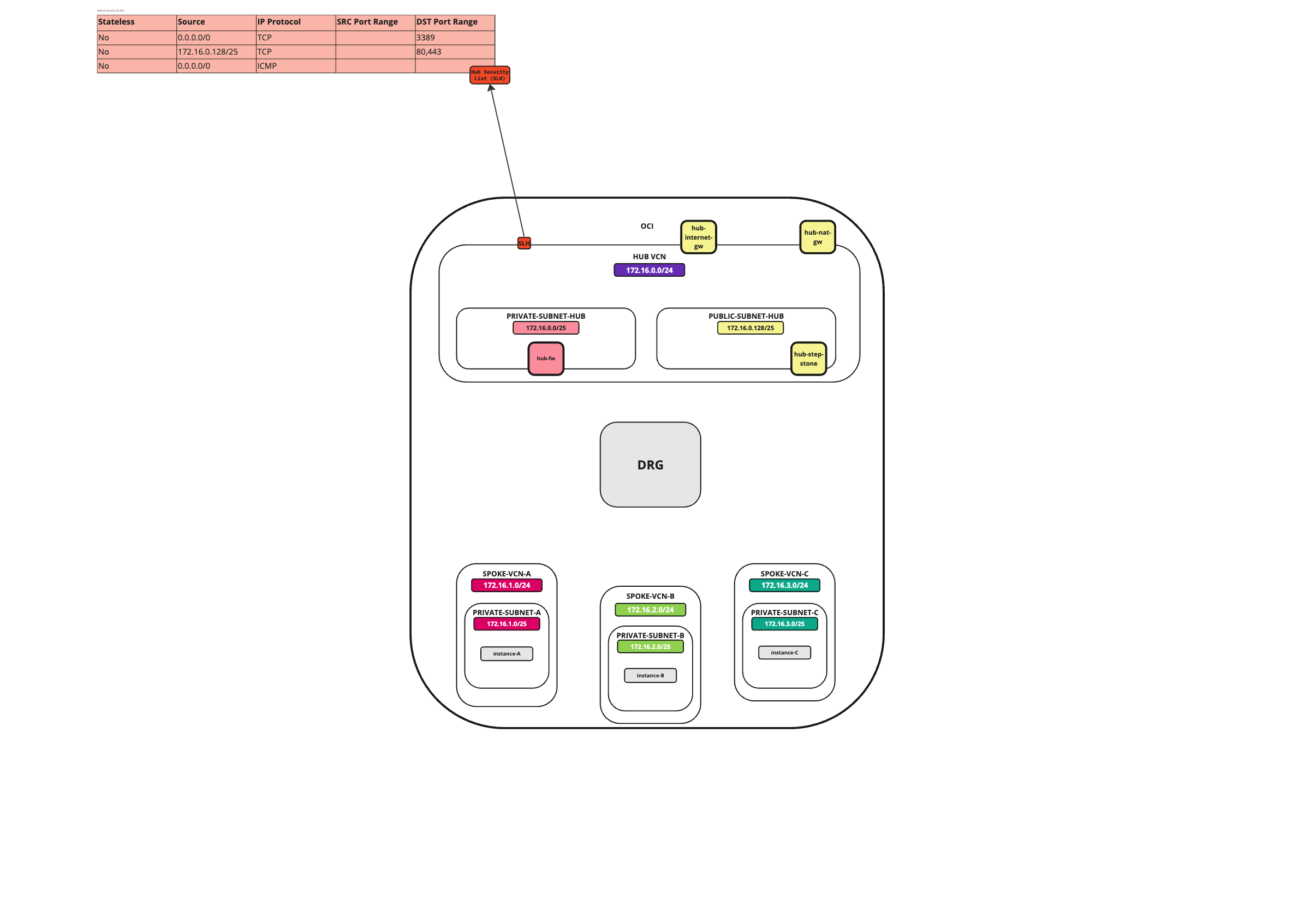

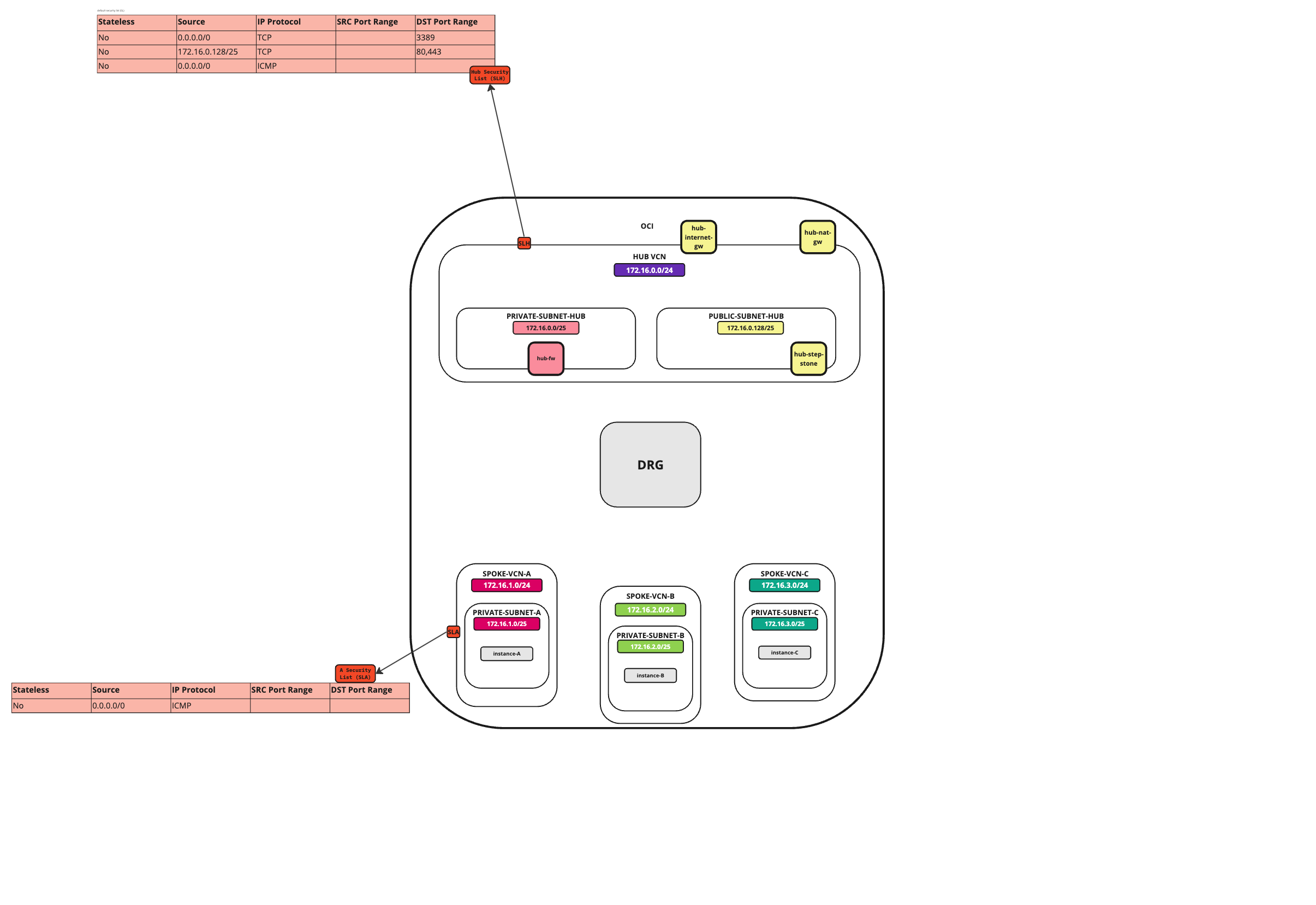

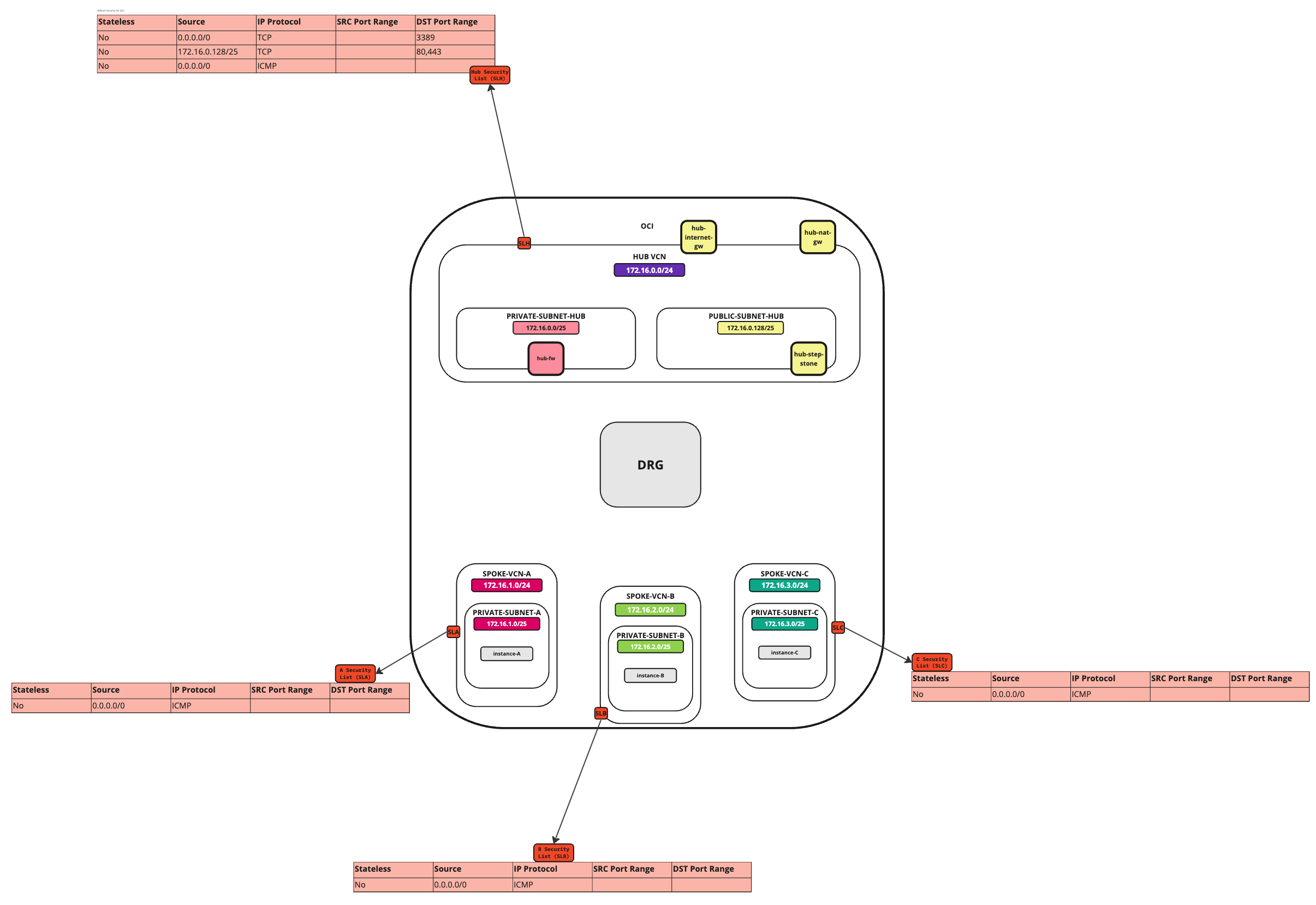

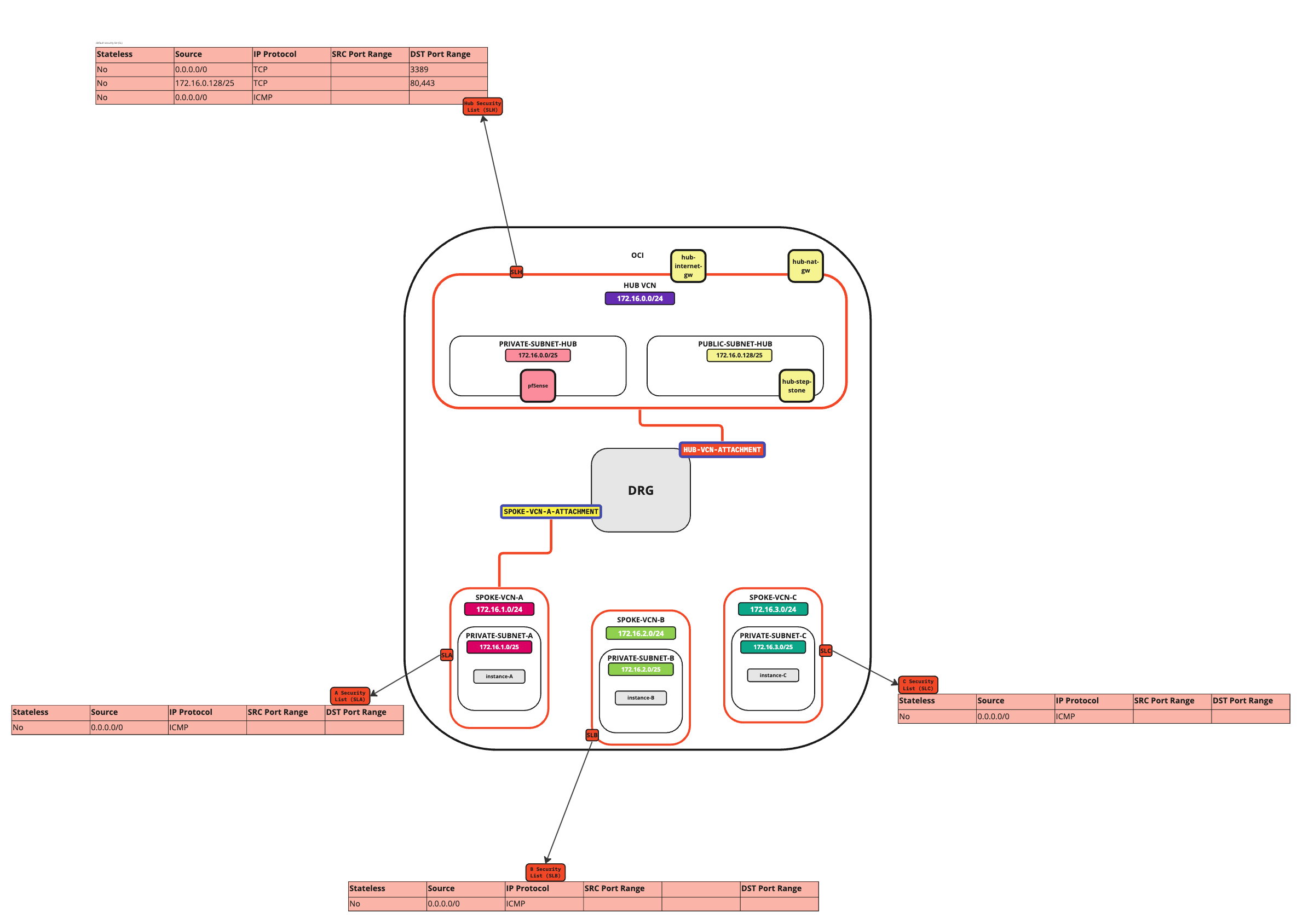

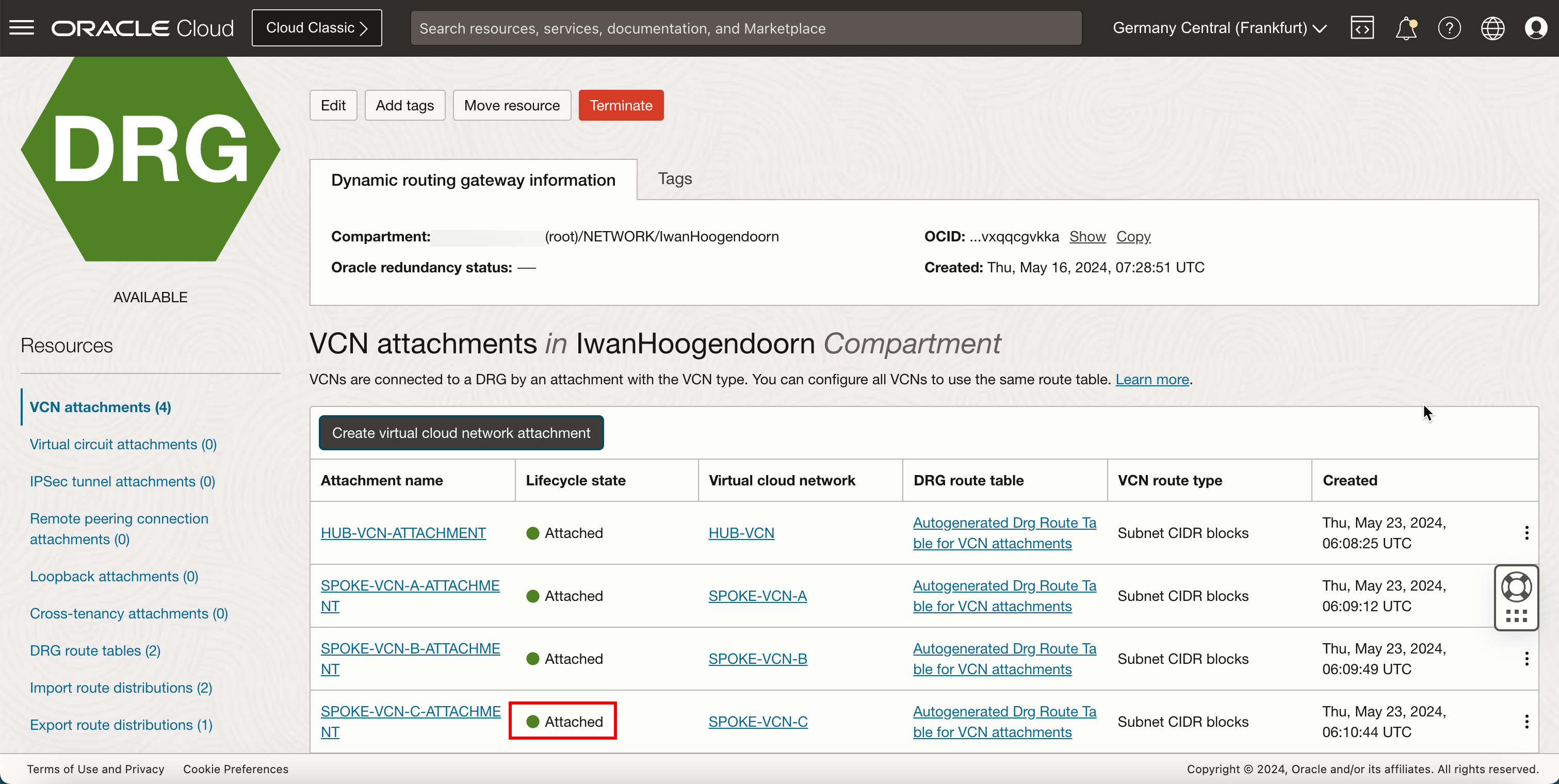

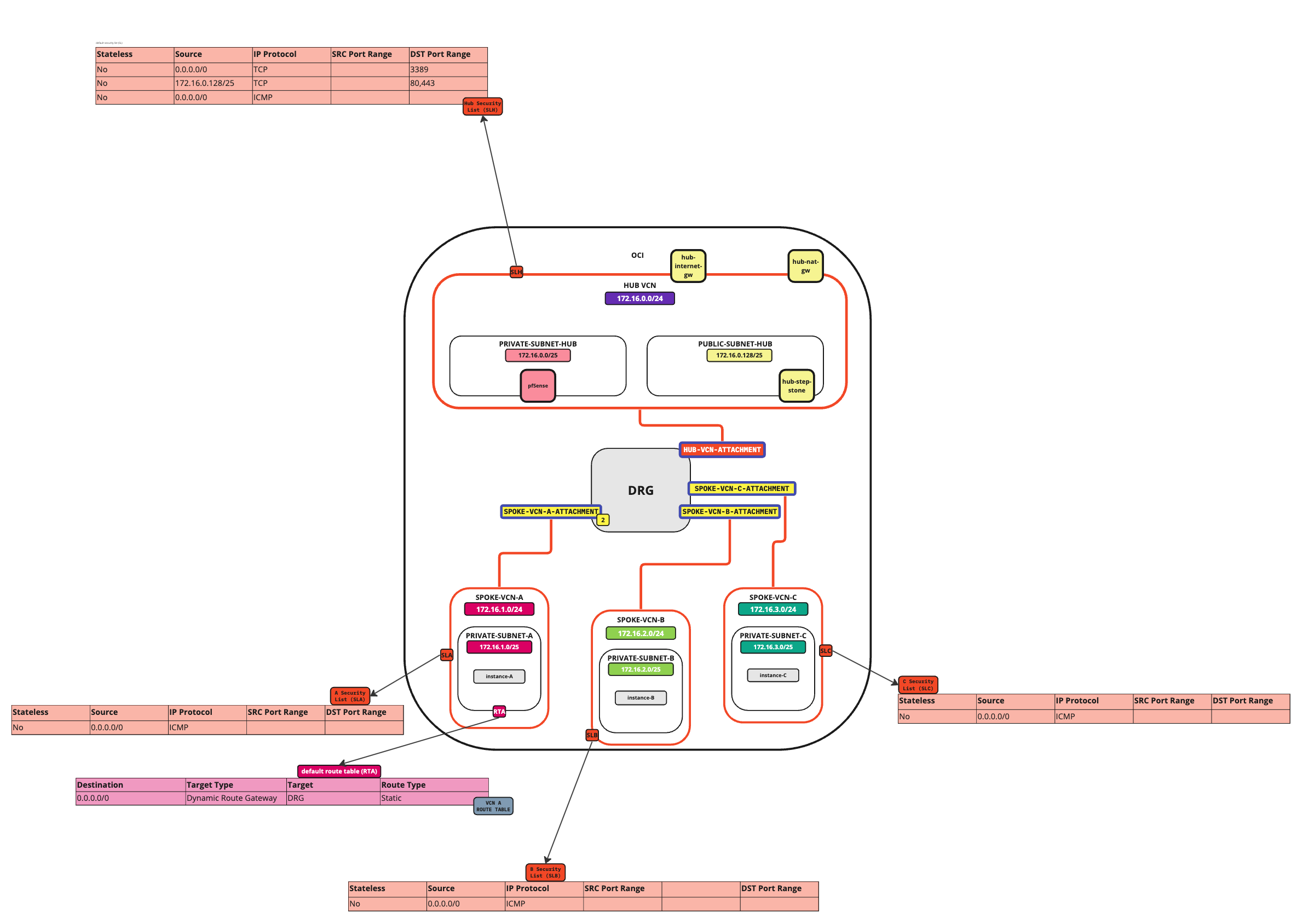

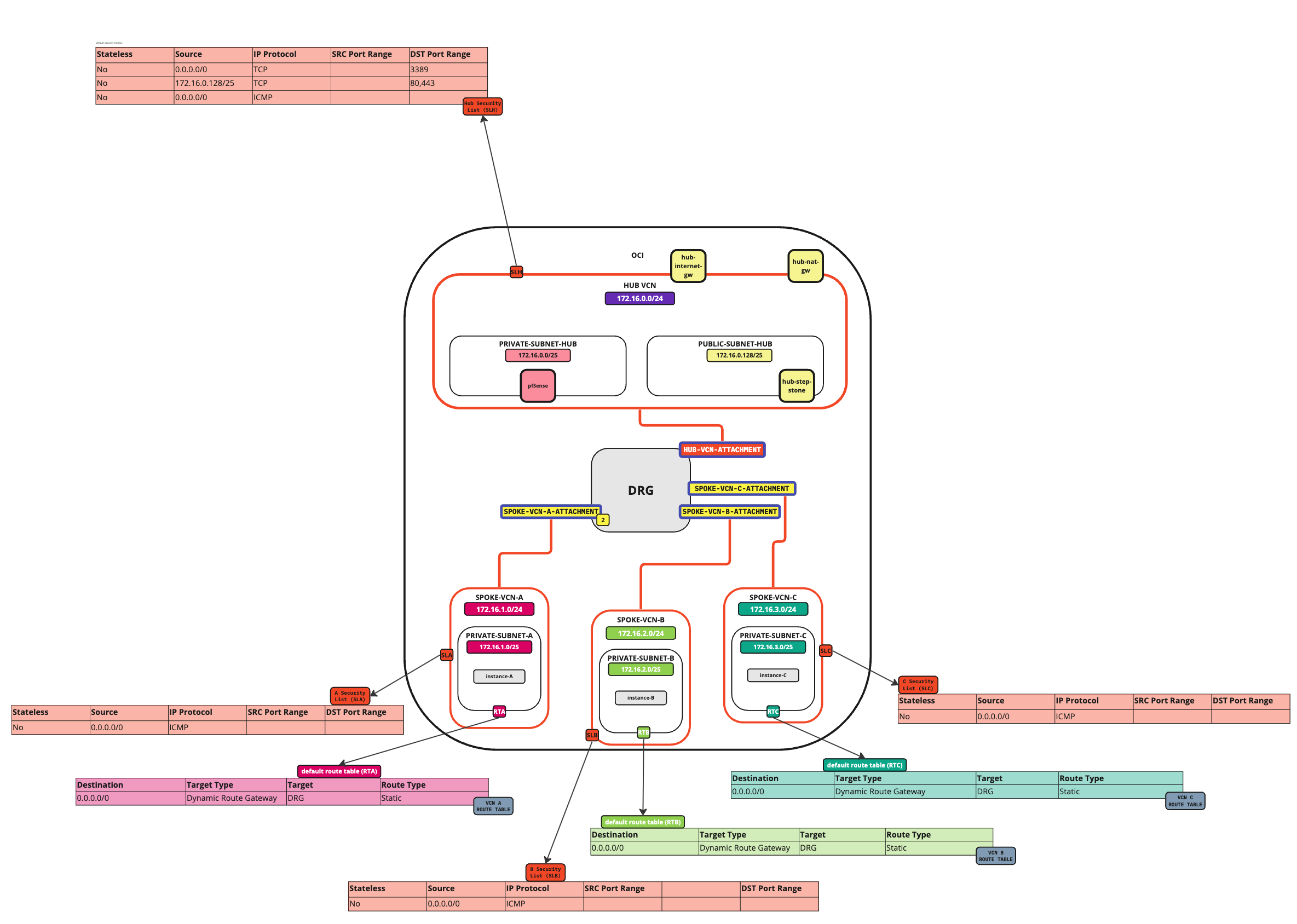

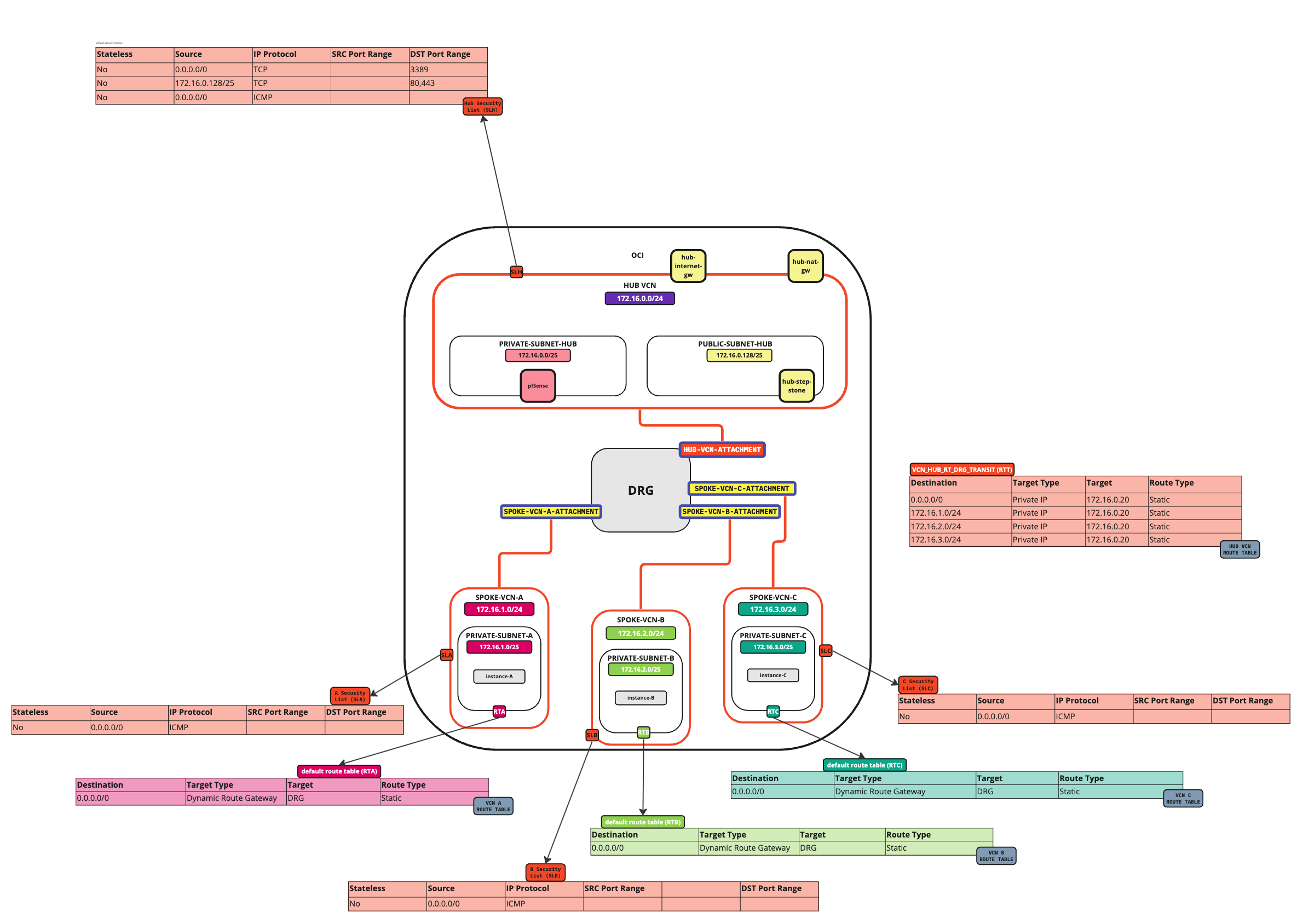

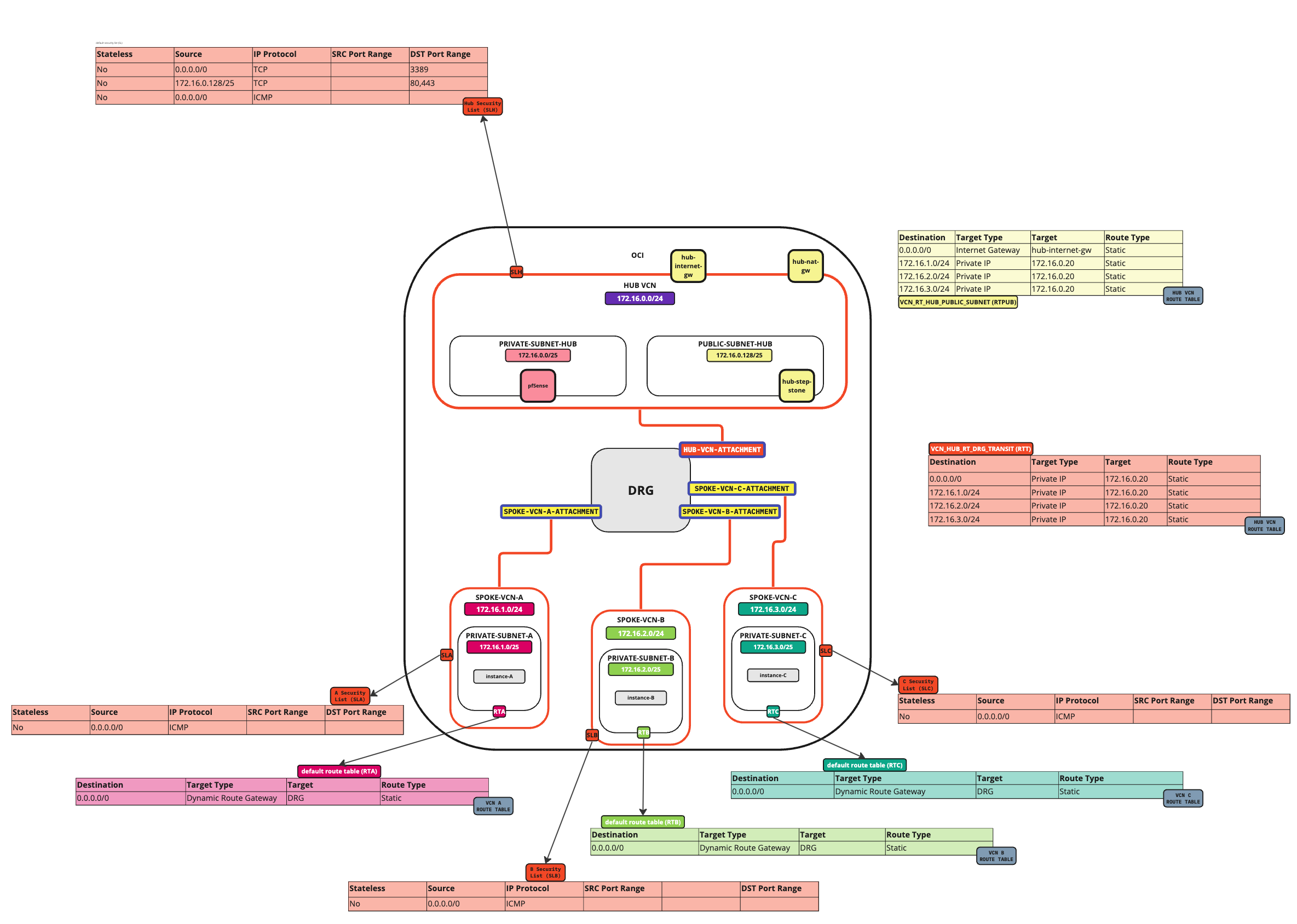

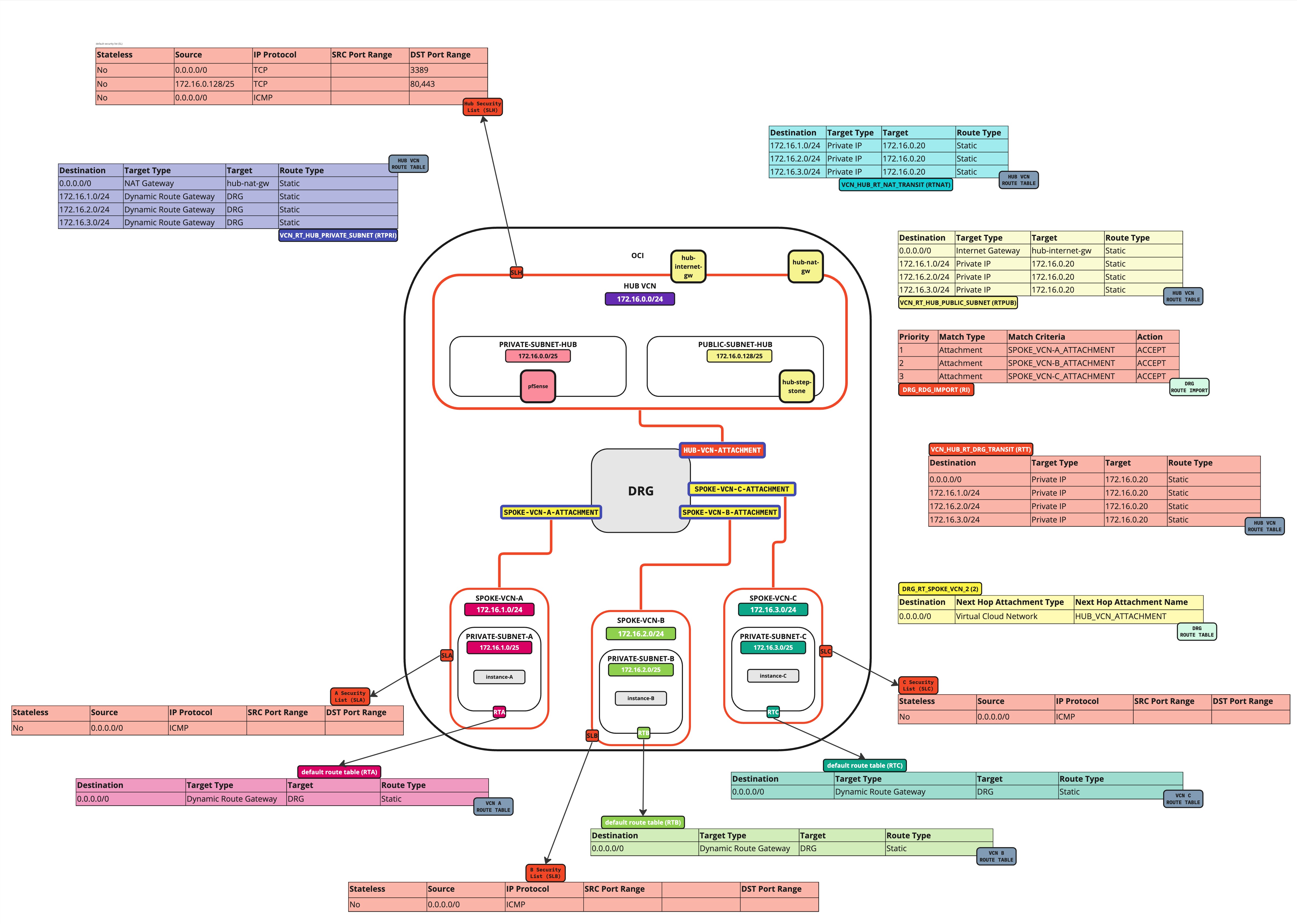

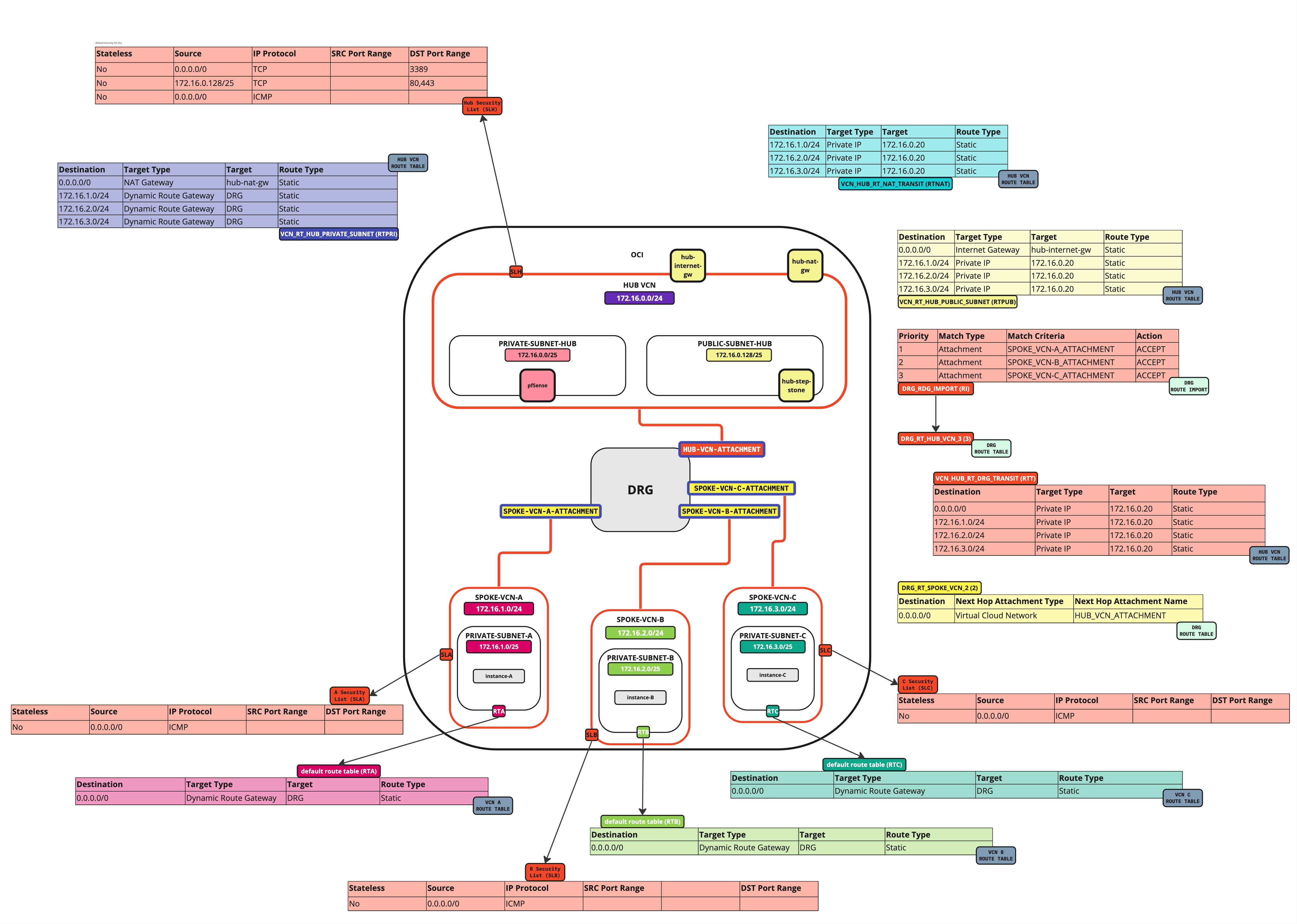

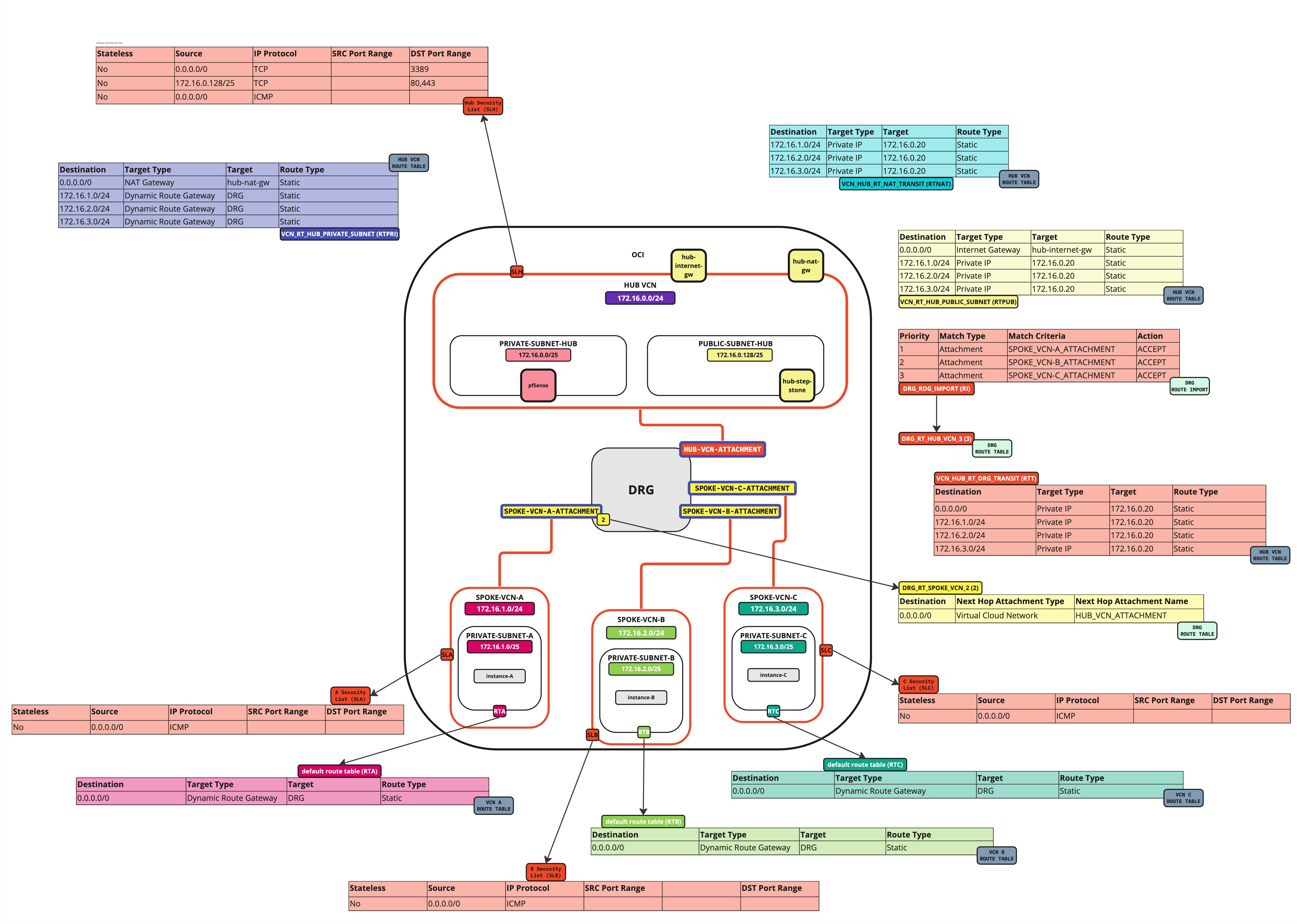

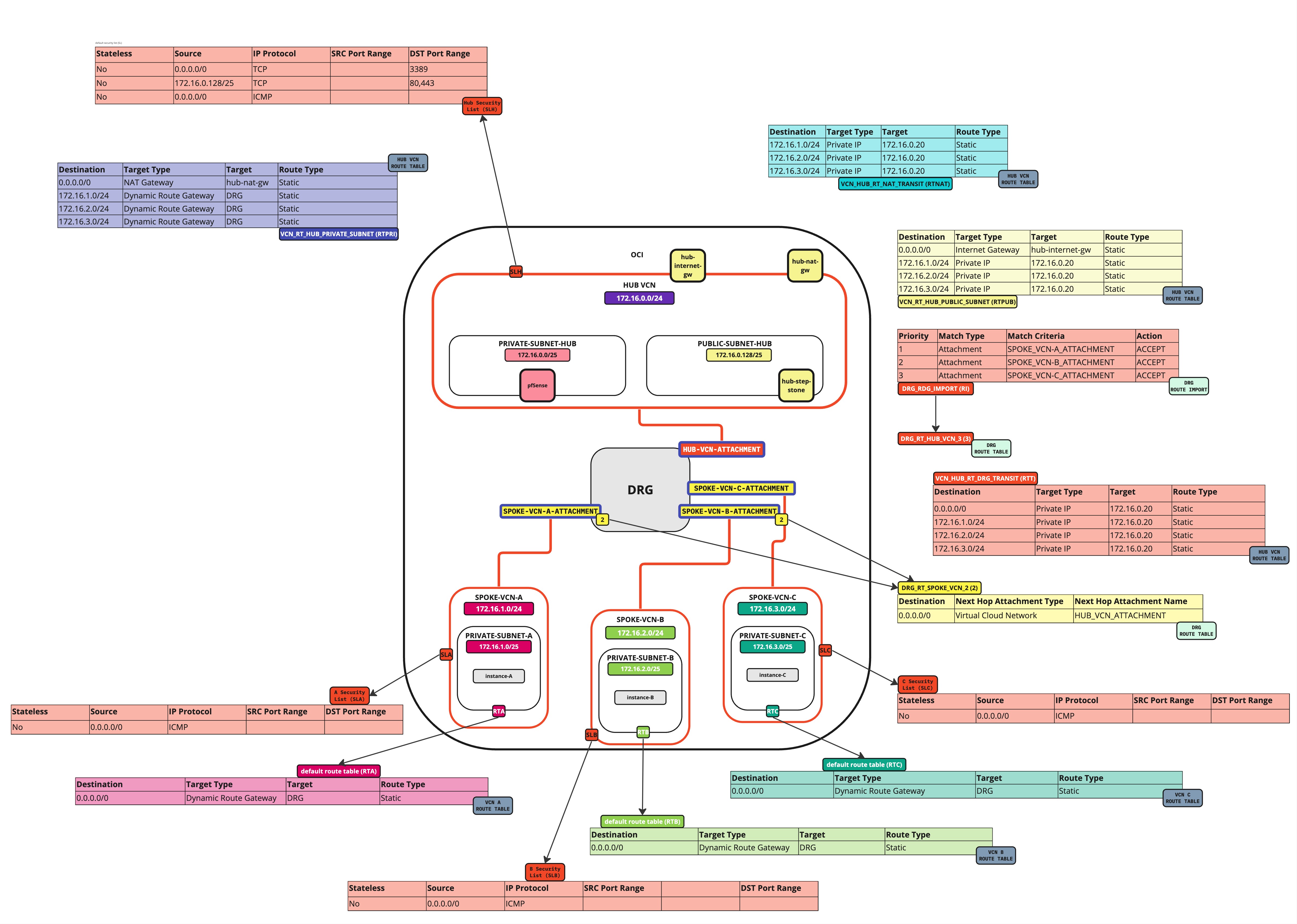

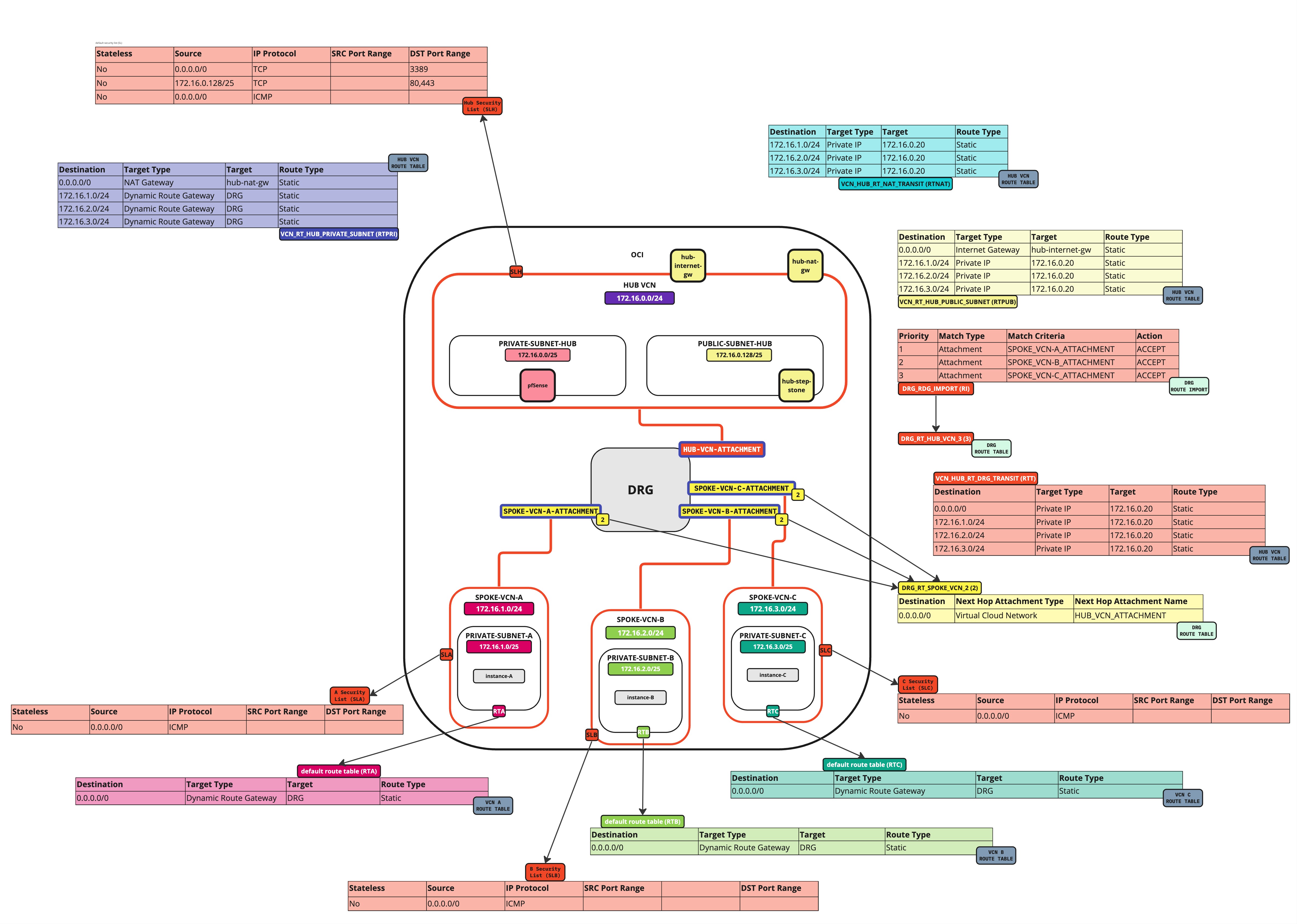

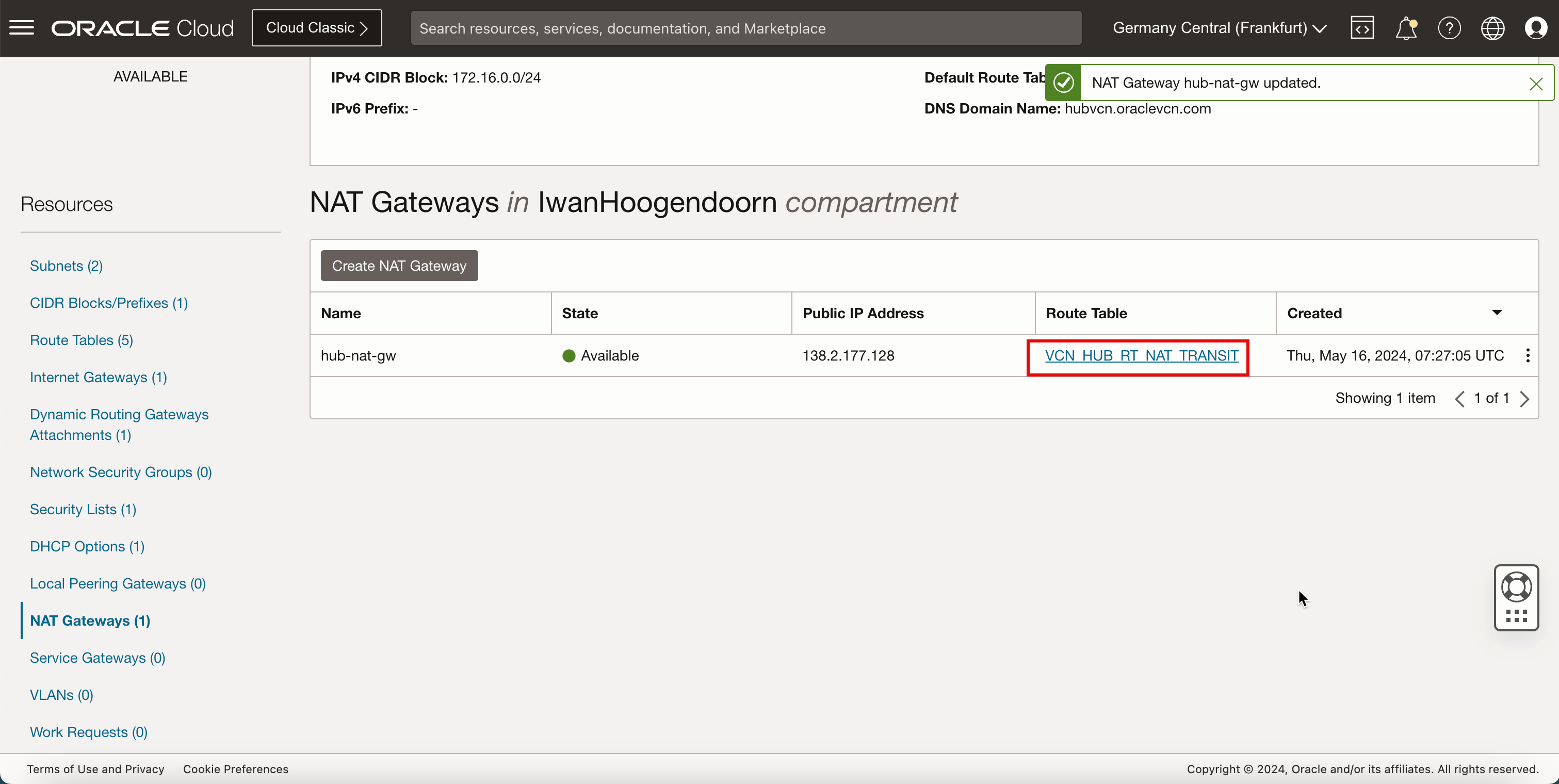

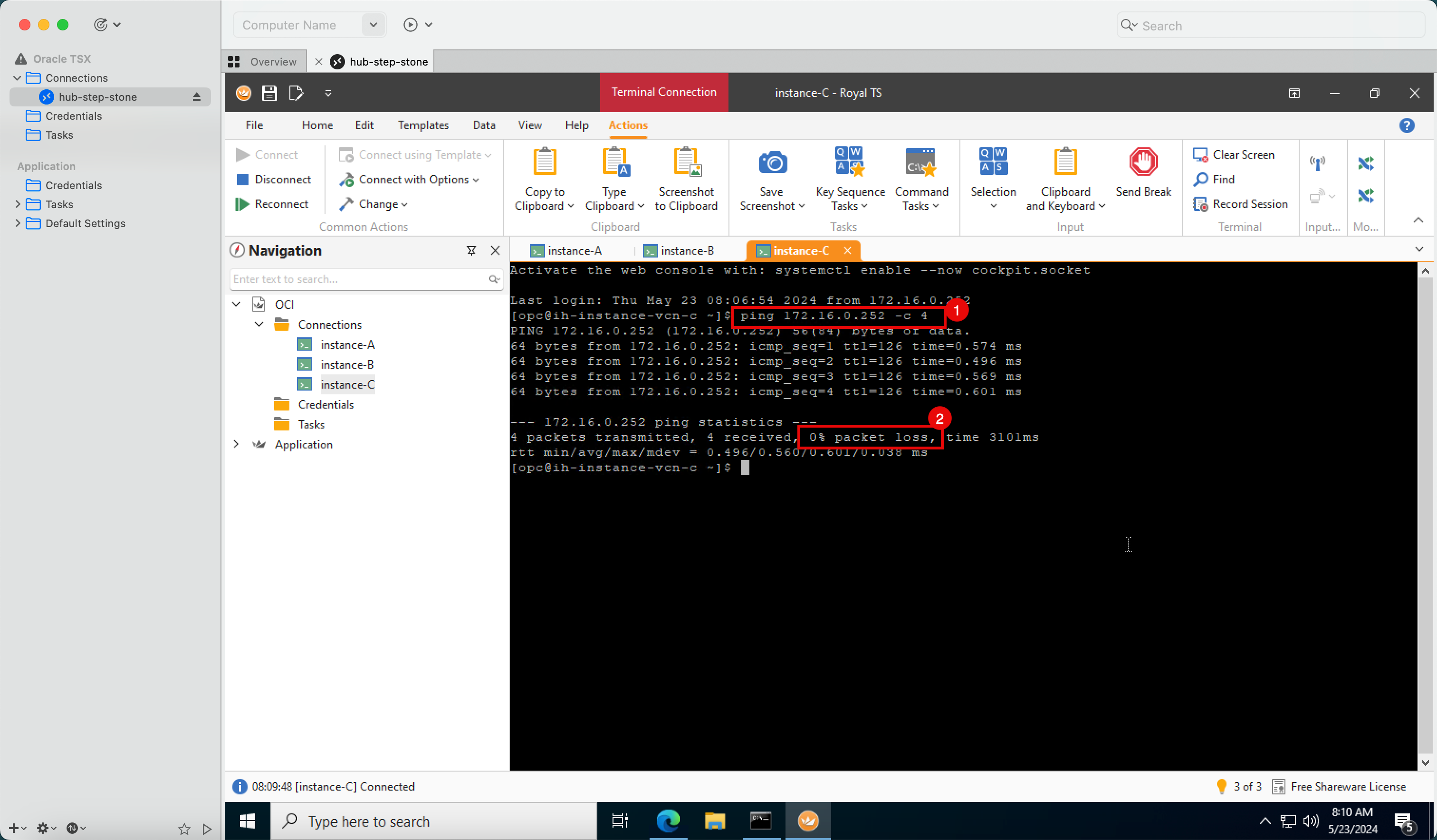

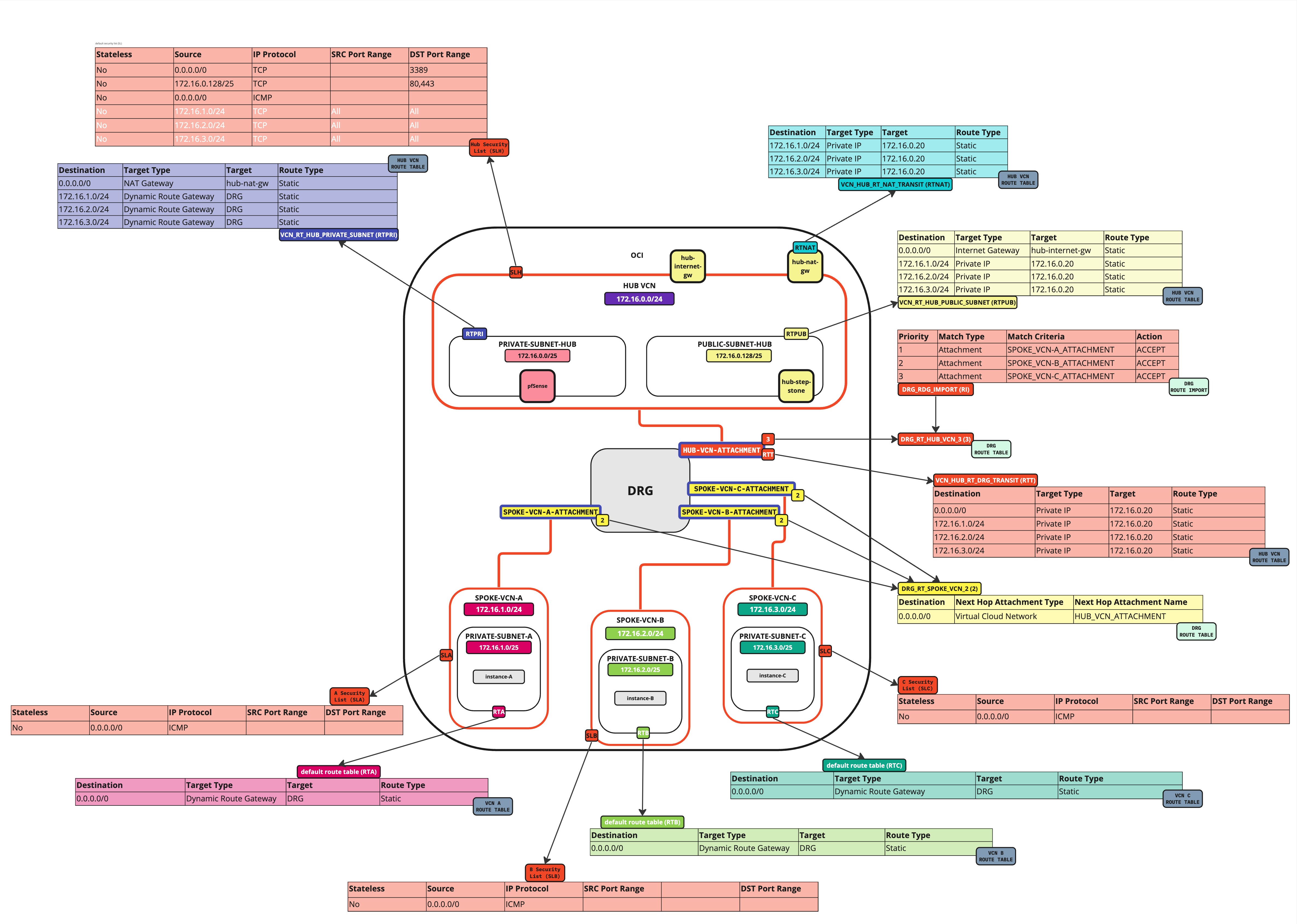

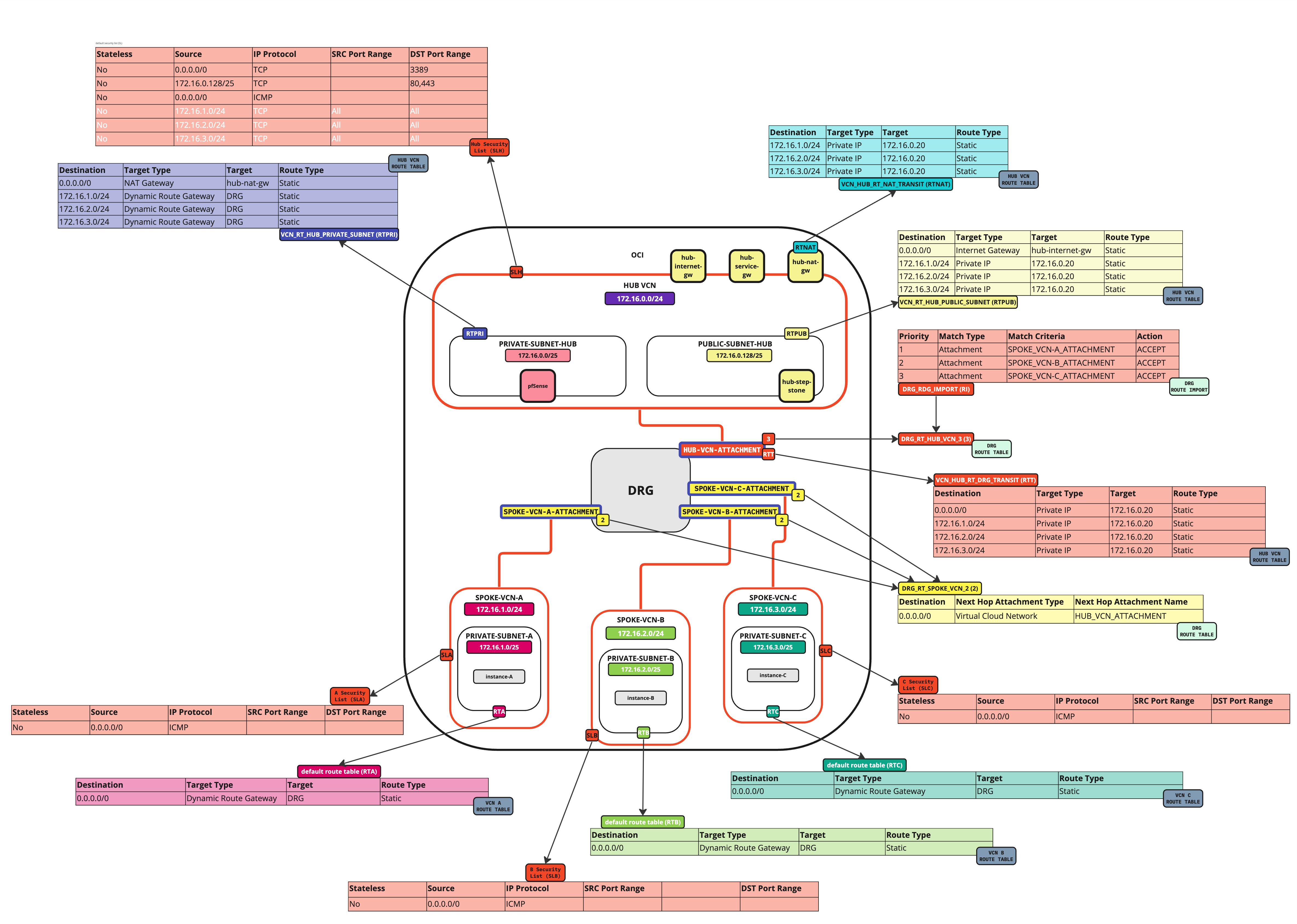

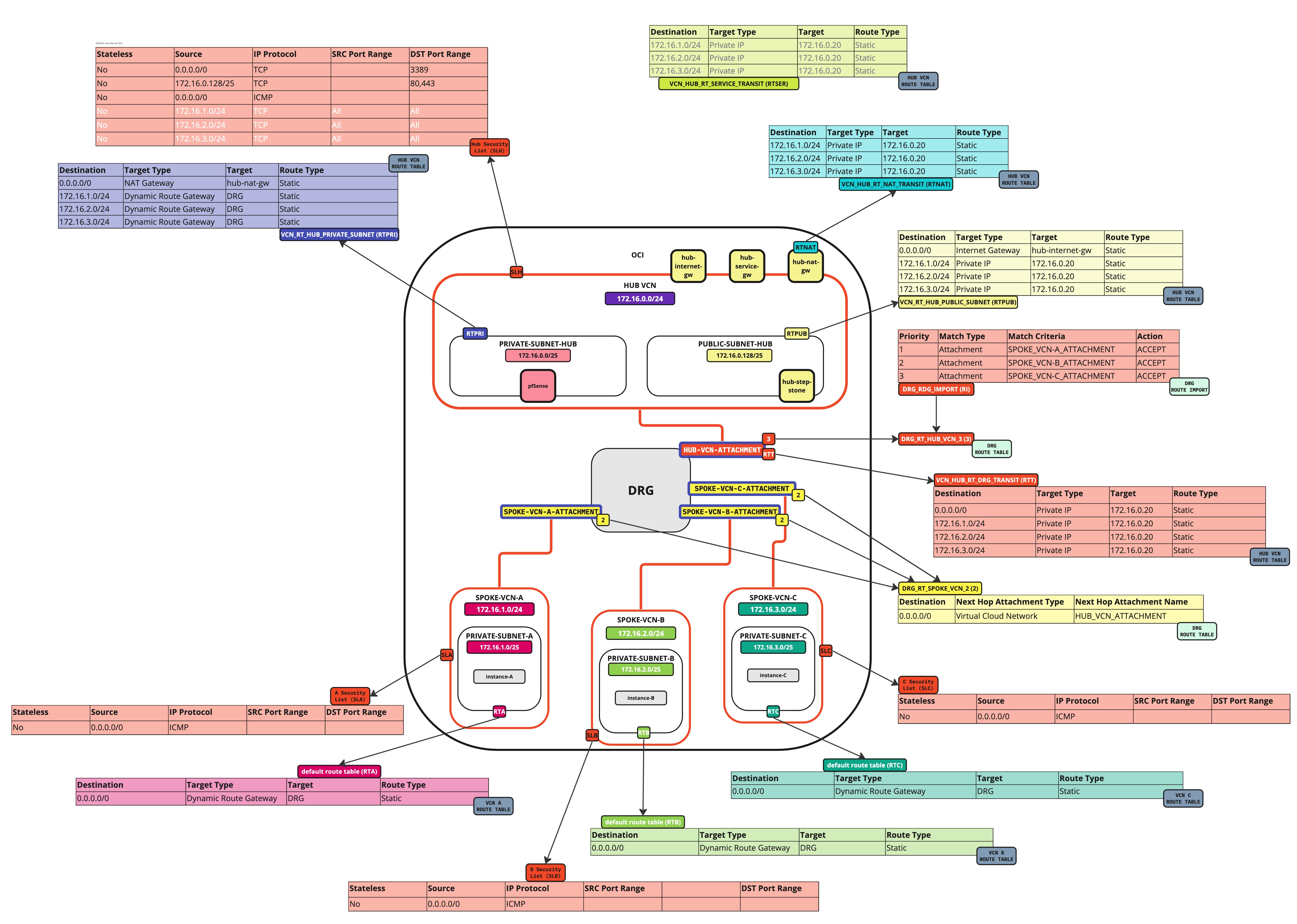

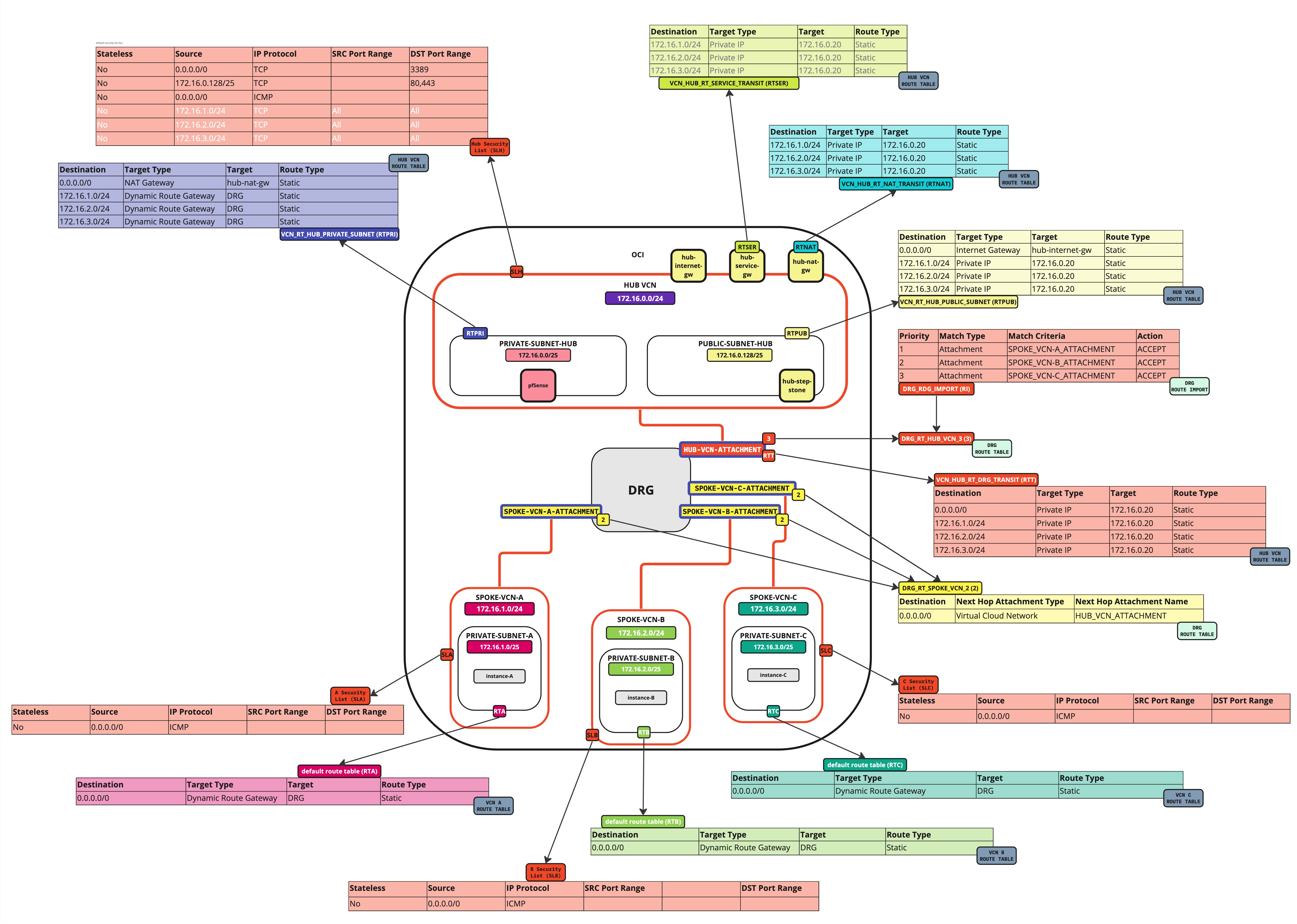

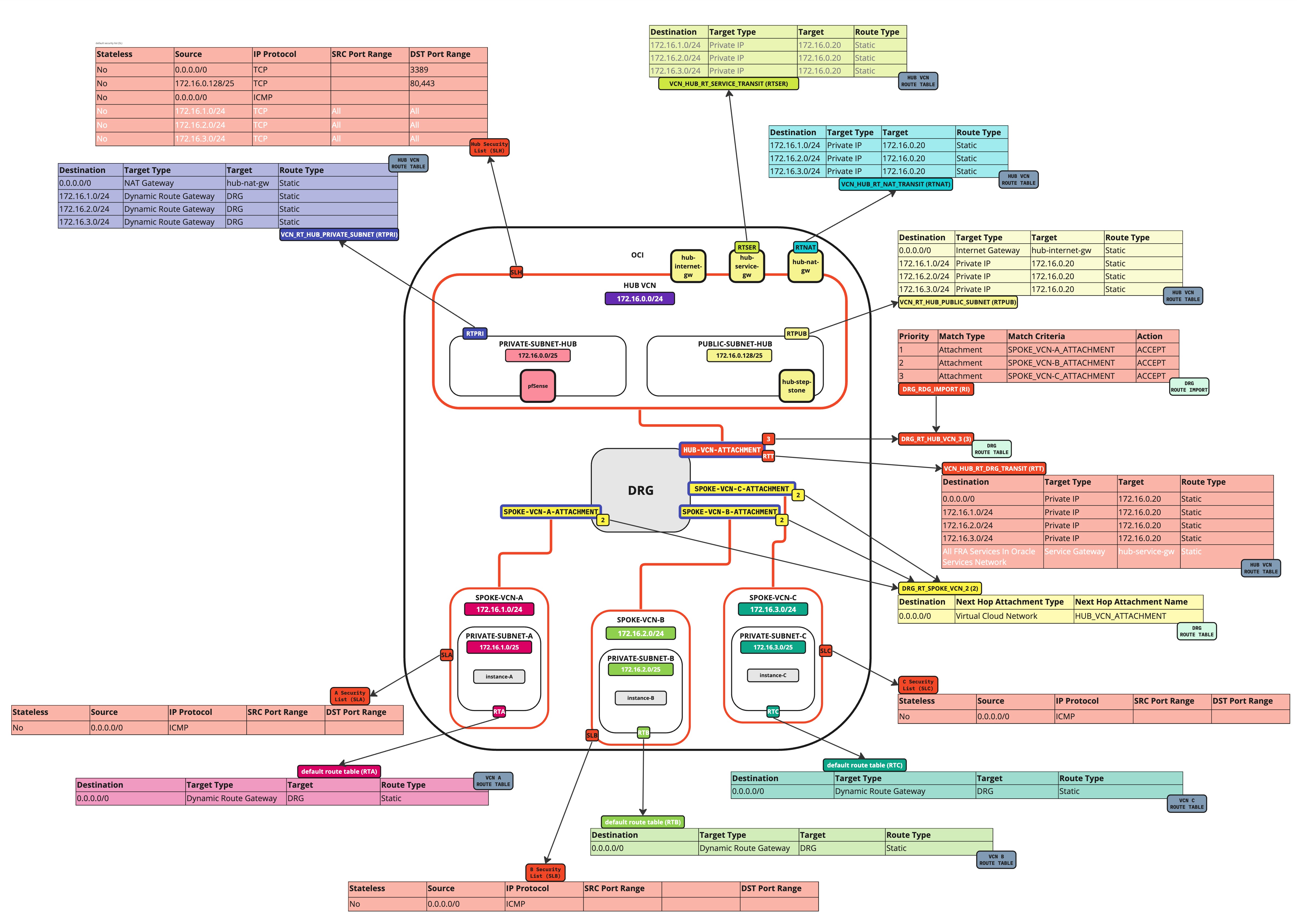

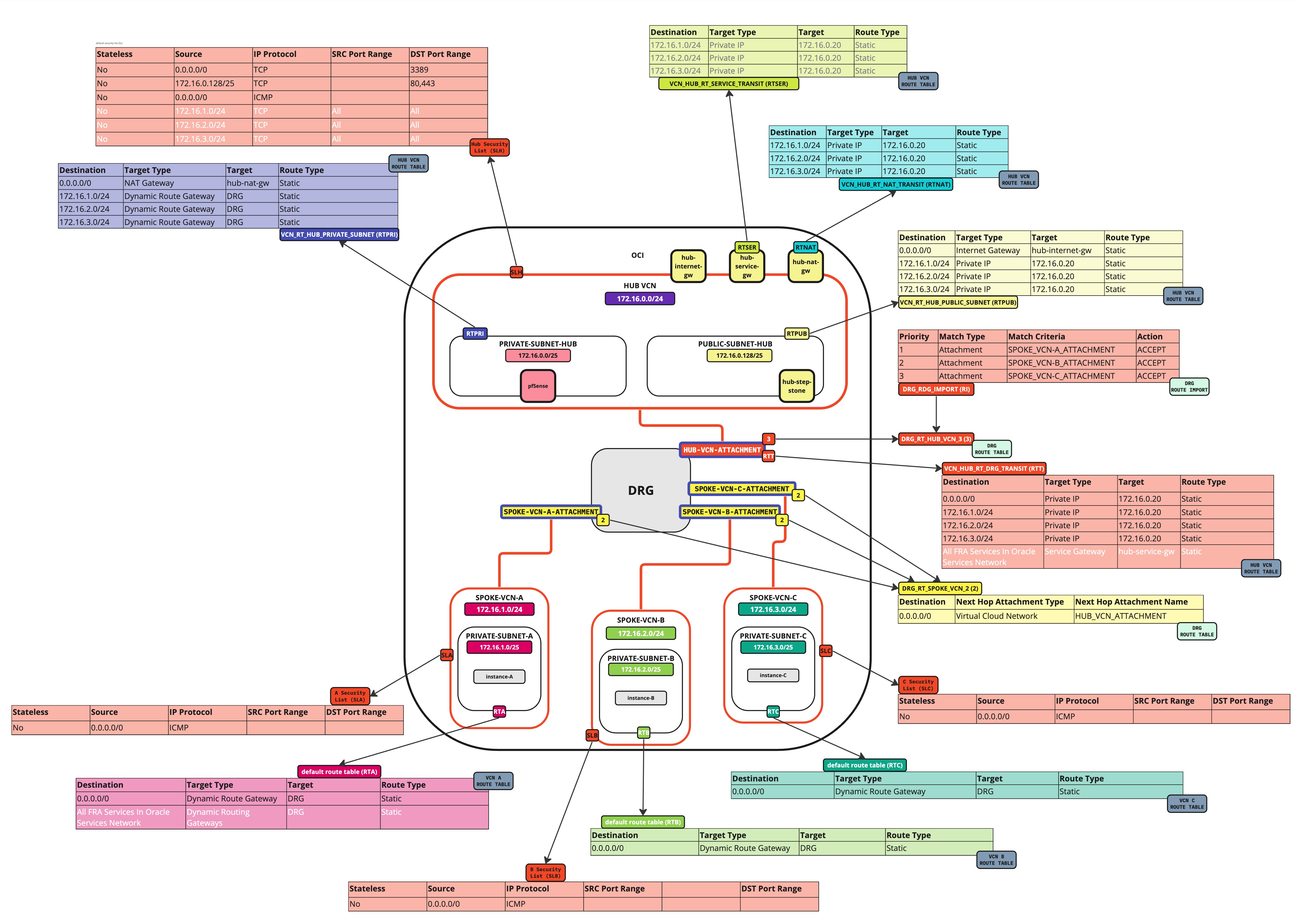

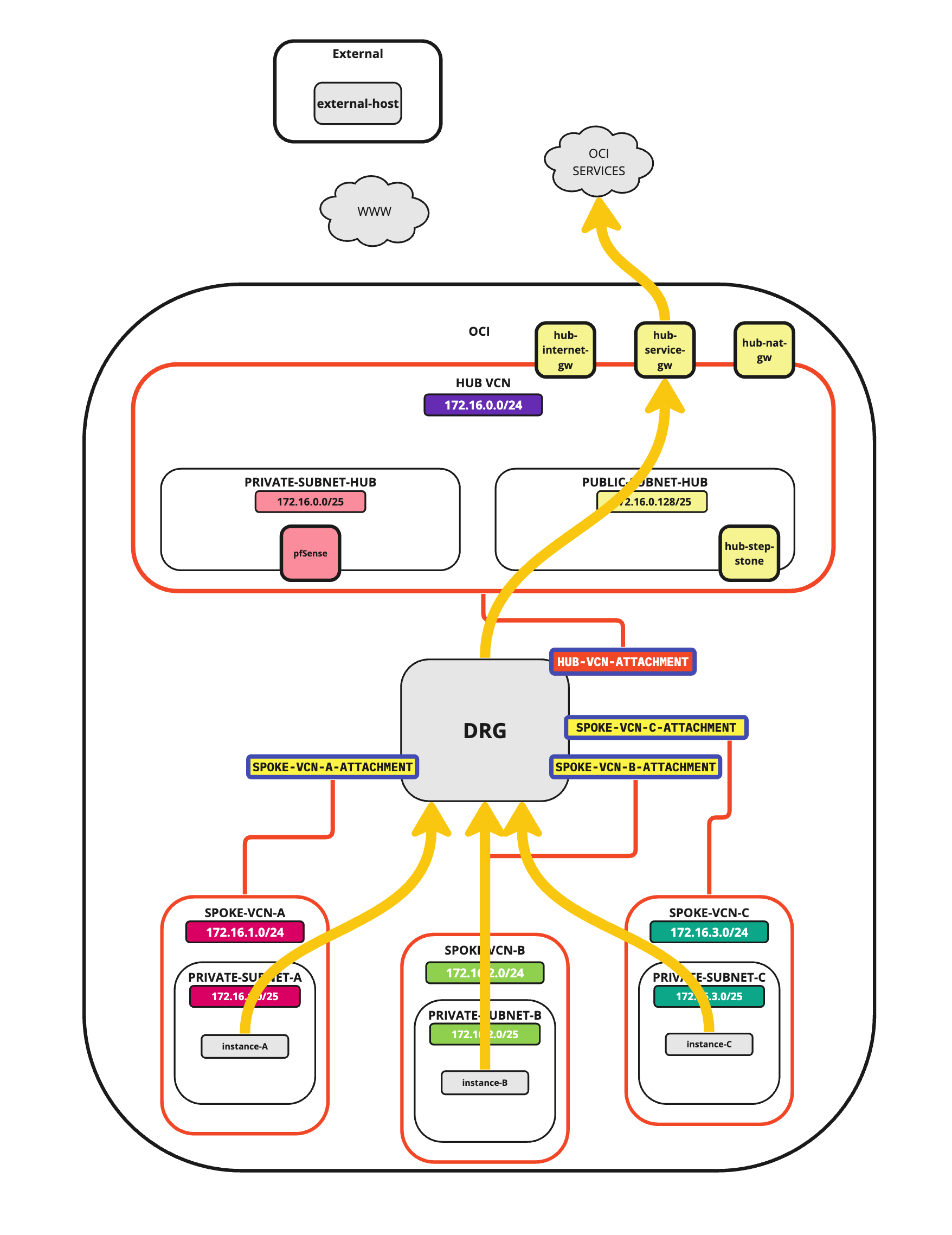

다음 이미지는 트래픽 플로우를 보여줍니다.

-

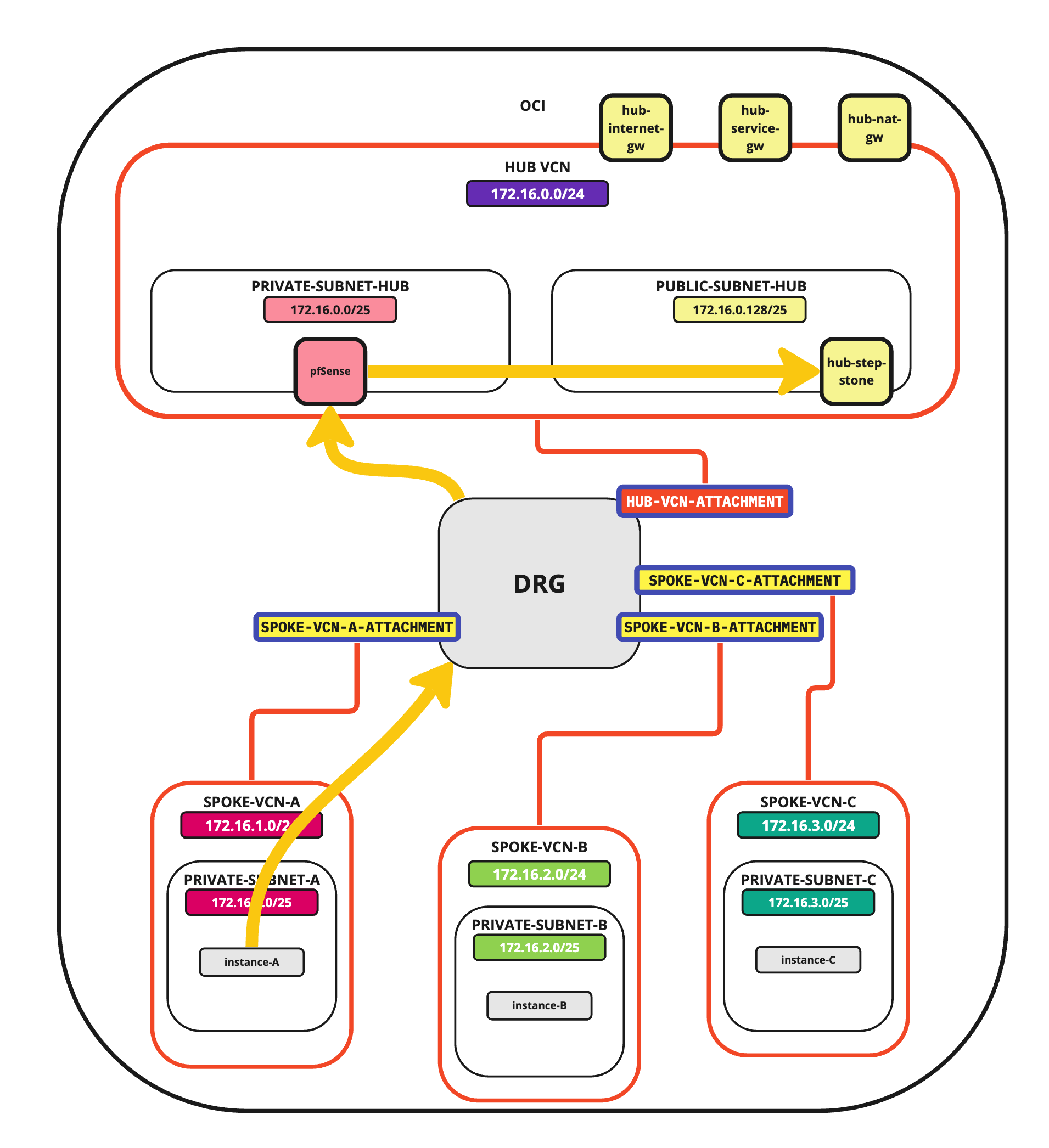

스포크-스포크 연결

-

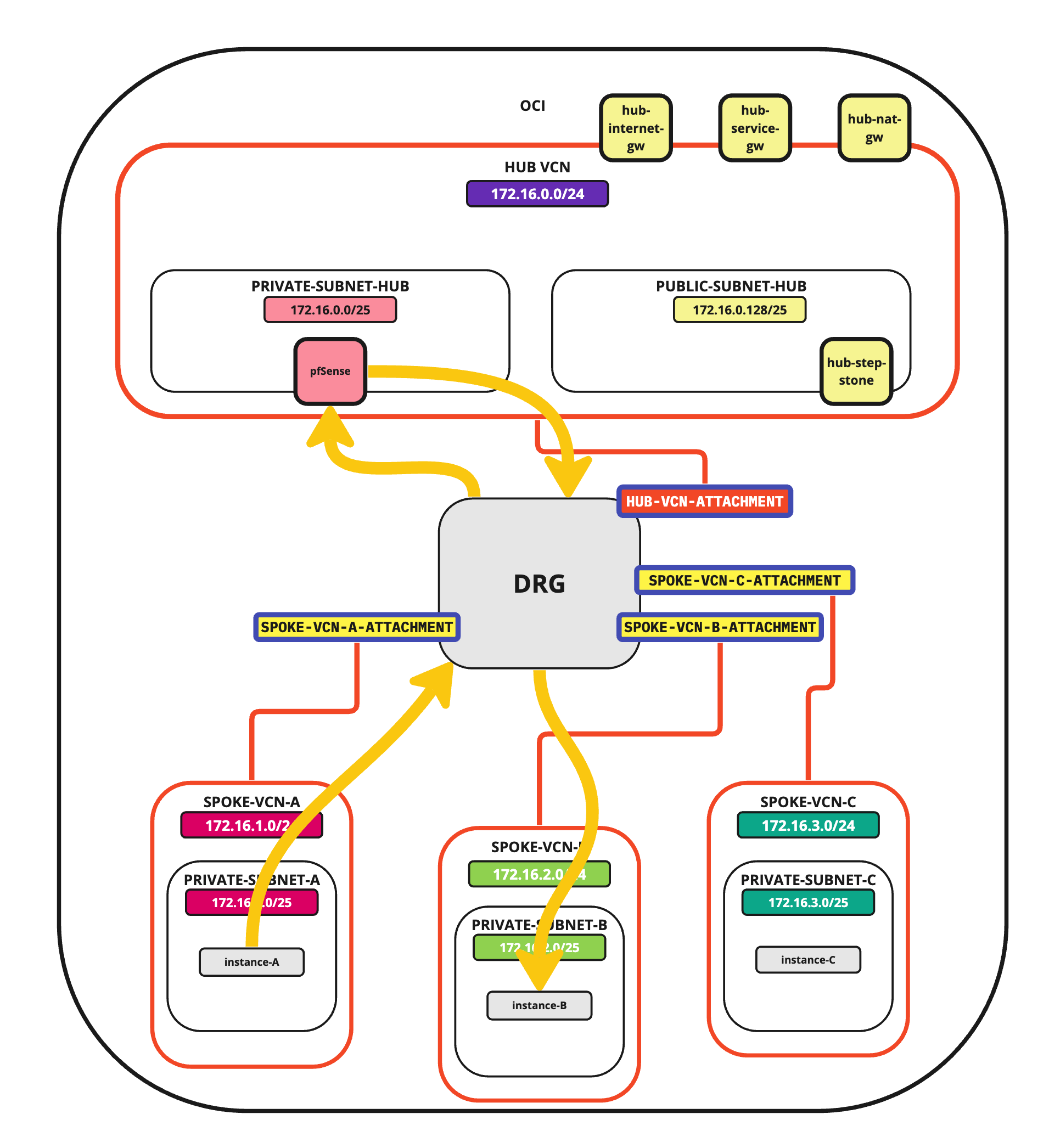

스포크-허브 연결

-

허브-스포크 연결

-

스포크-인터넷 연결

-

Spoke-서비스 연결

-

허브-인터넷 연결

-

인터넷-허브 연결

주: 이 자습서에서는 스포크에 여러 네트워크를 사용합니다.

- VCN 서브넷 스포크:

172.16.1.0/25. - B VCN 서브넷 스포크:

172.16.2.0/25. - C VCN 서브넷 스포크:

172.16.3.0/25.

- VCN 서브넷 스포크:

목표

-

허브 및 스포크 라우팅이 완전히 구성된 OCI 라우팅 환경을 설정합니다. 모든 네트워크 트래픽을 허브 VCN으로 라우팅합니다. 허브 VCN에는 스포크에서 나오는 모든 트래픽을 검사하는 방화벽이 포함됩니다.

- 작업 1: 허브 및 스포크 VCN을 생성합니다.

- 작업 2: 허브 및 스포크 VCN 내에 서브넷을 생성합니다.

- 작업 3: DRG, 인터넷 게이트웨이 및 NAT 게이트웨이를 생성합니다.

- 작업 4: 모든 VCN 내의 서로 다른 서브넷에 연결된 인스턴스를 추가합니다.

- 작업 5: 허브 VCN에 pfSense 방화벽을 추가합니다.

- 작업 6: 보안 목록에서 방화벽 규칙을 엽니다.

- 작업 7: 허브 방화벽 검사를 통해 여러 VCN과 인터넷 간의 경로 지정을 구성합니다.

- 작업 8: 연결을 확인합니다.

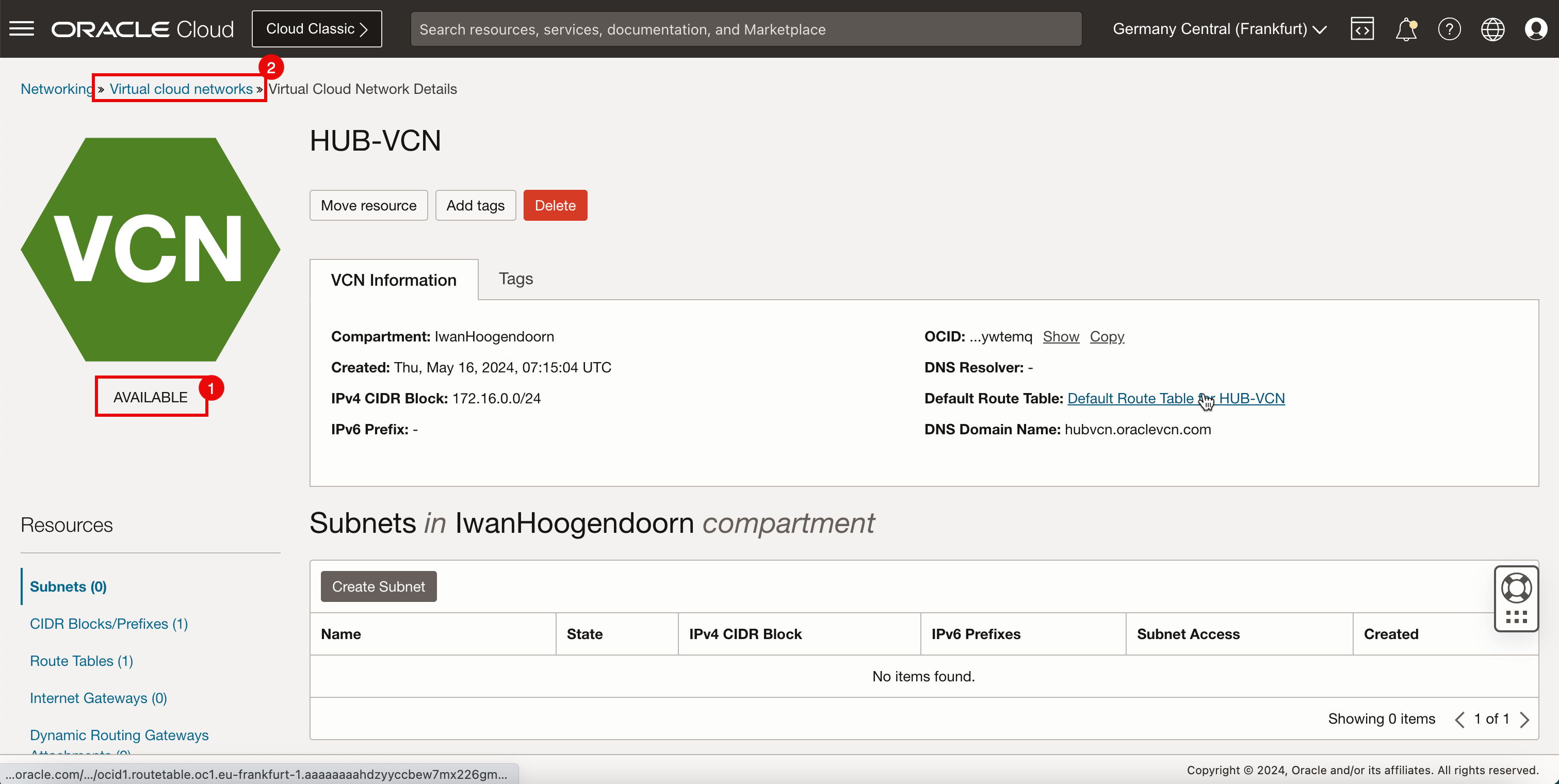

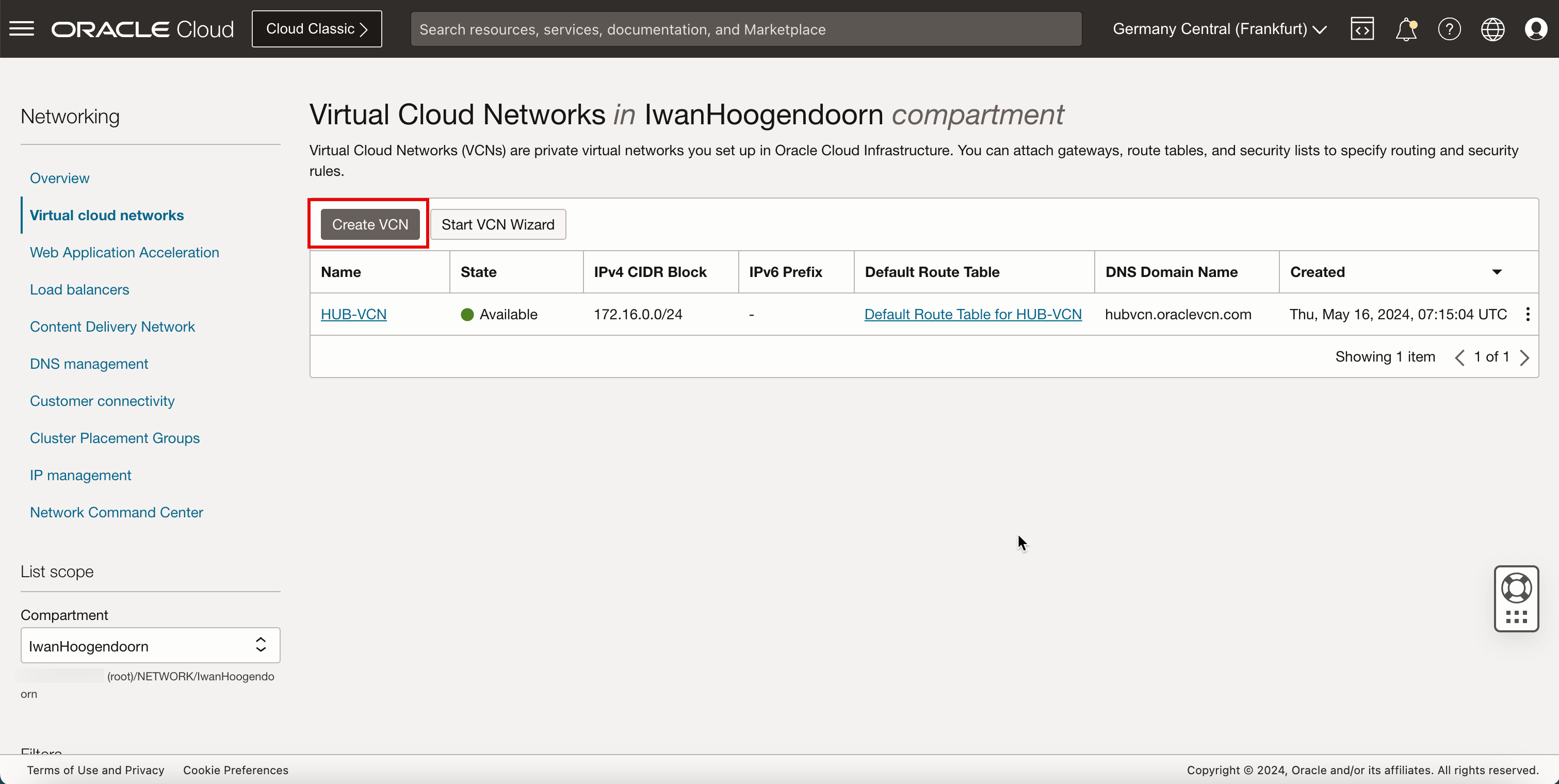

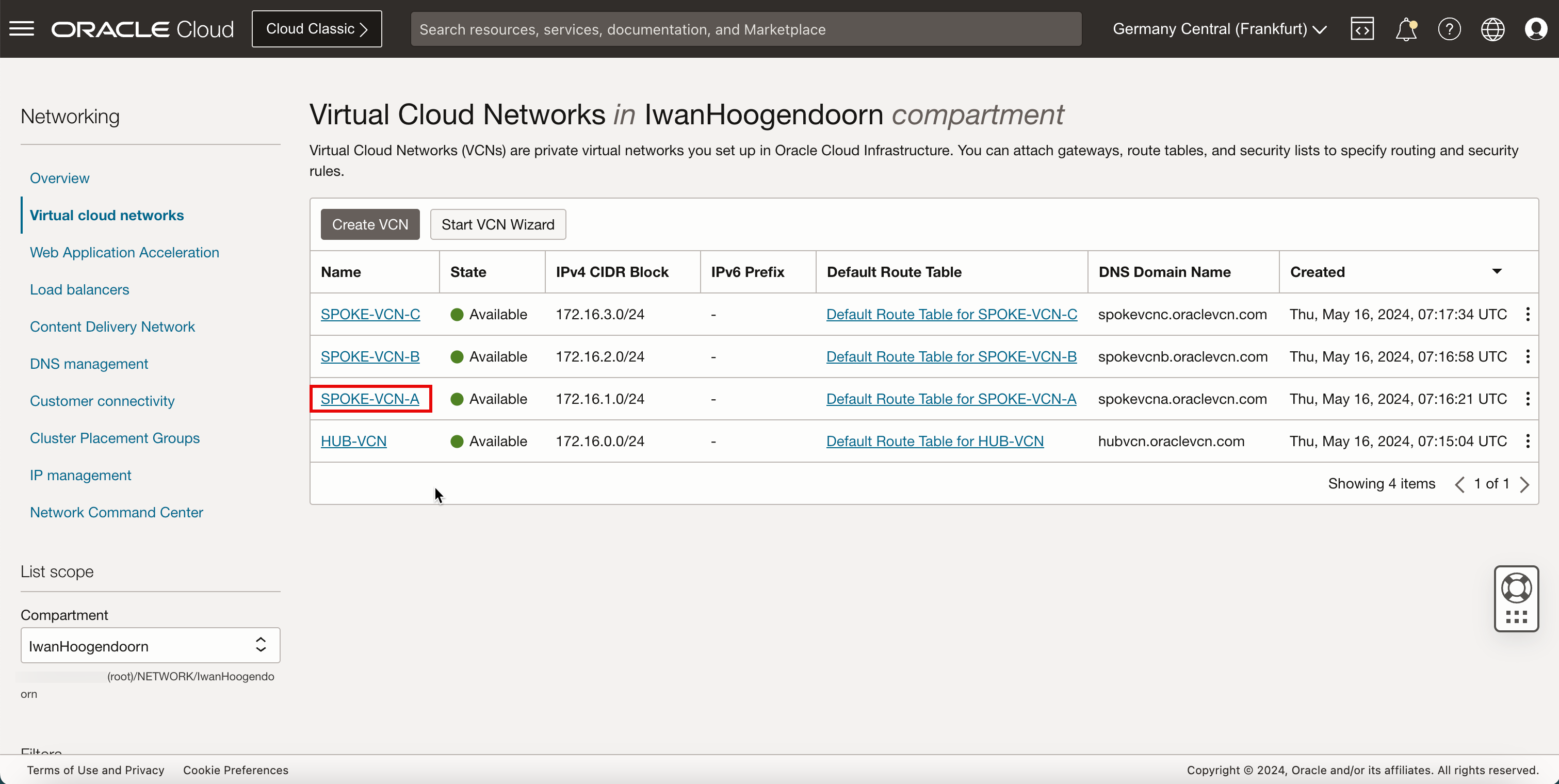

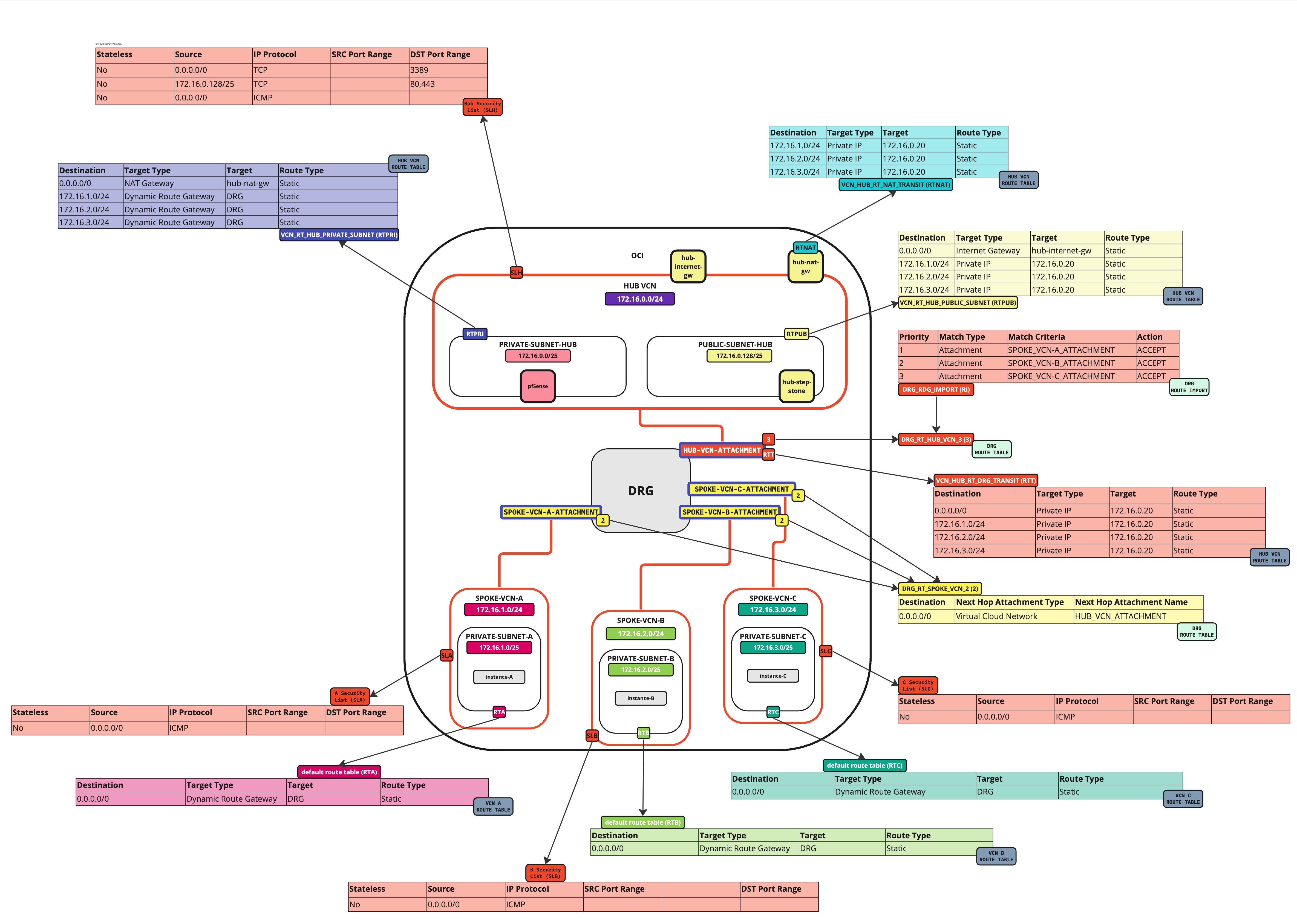

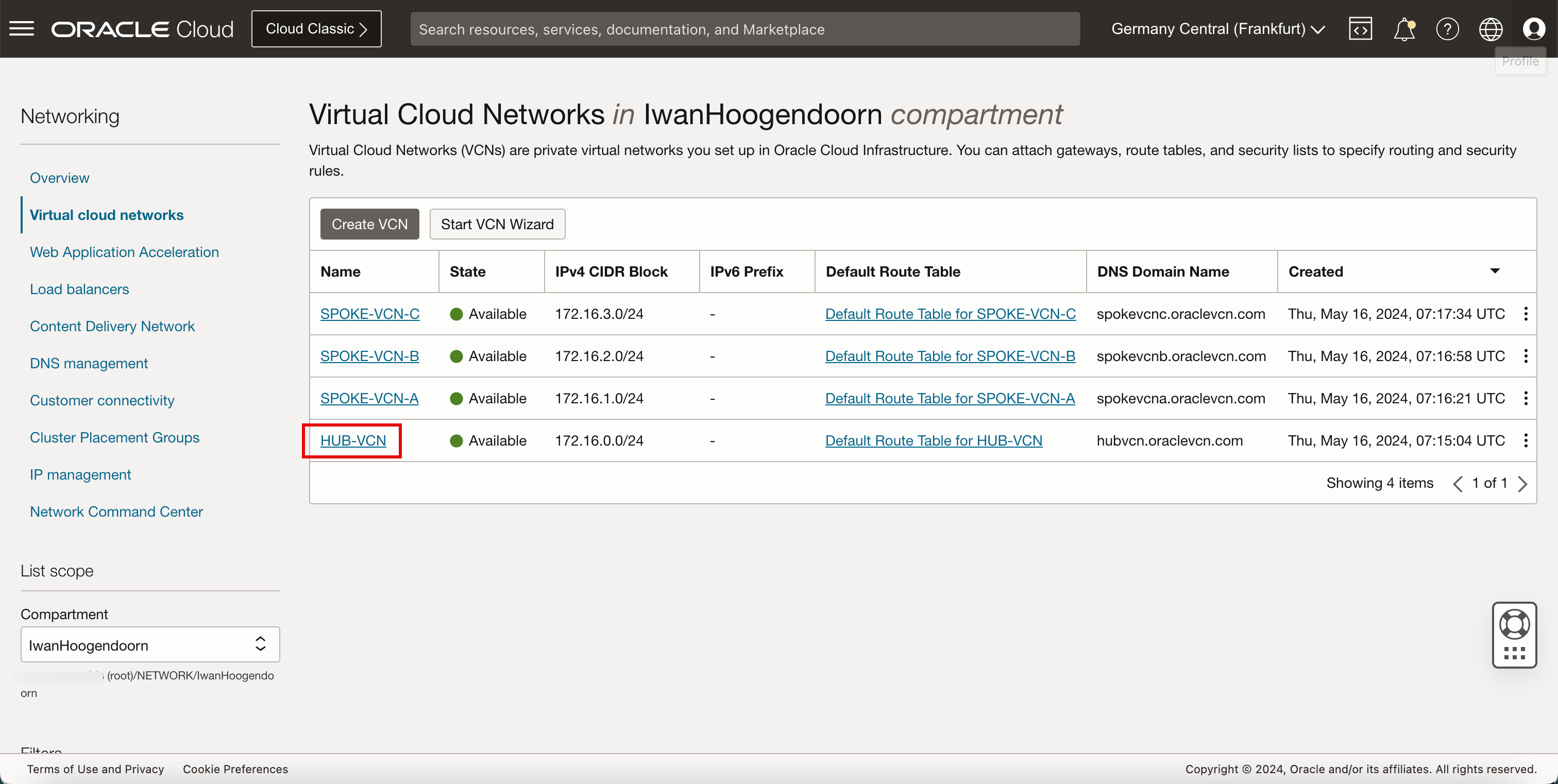

작업 1: 허브 생성 및 VCN 스포크

-

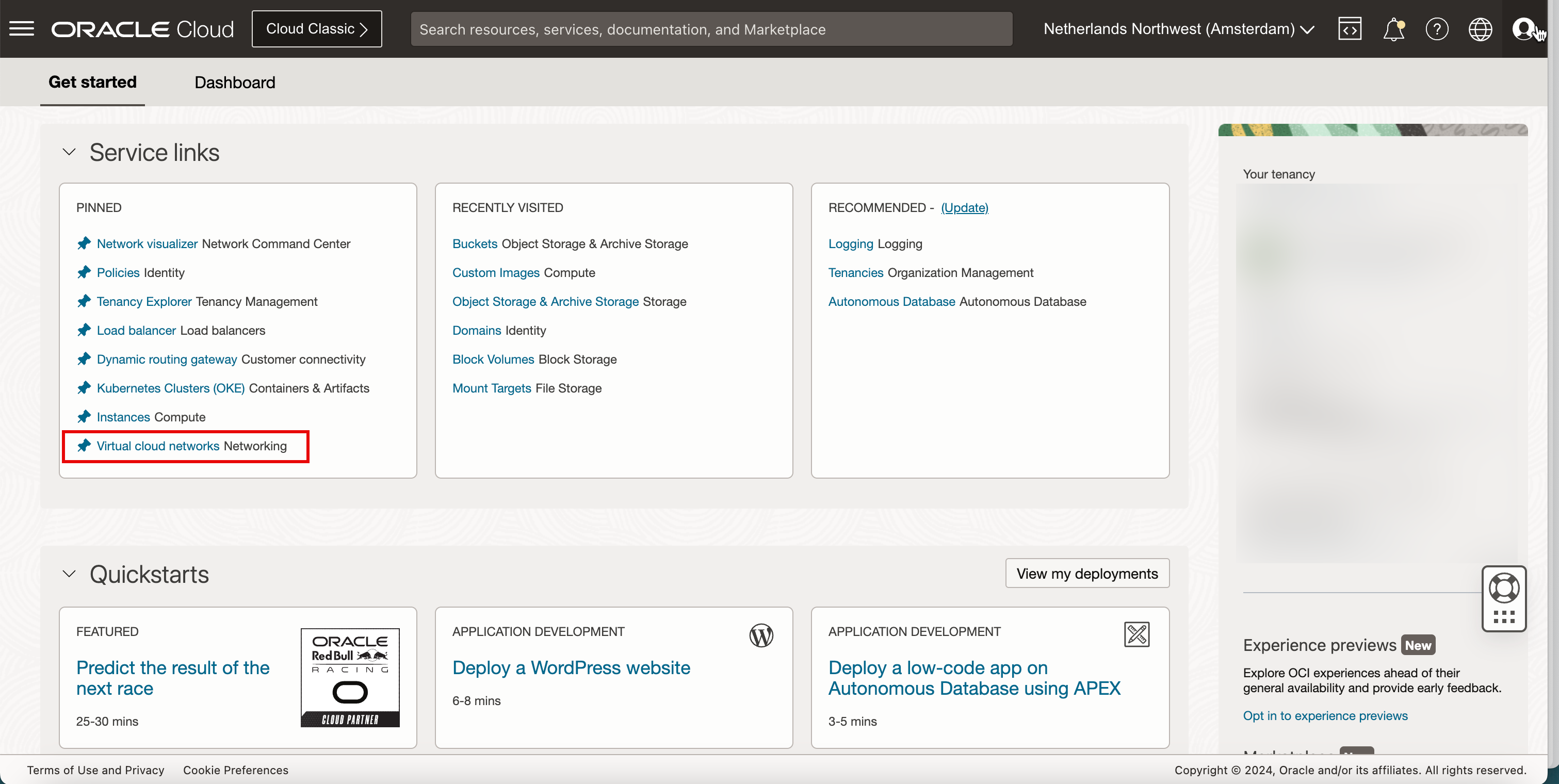

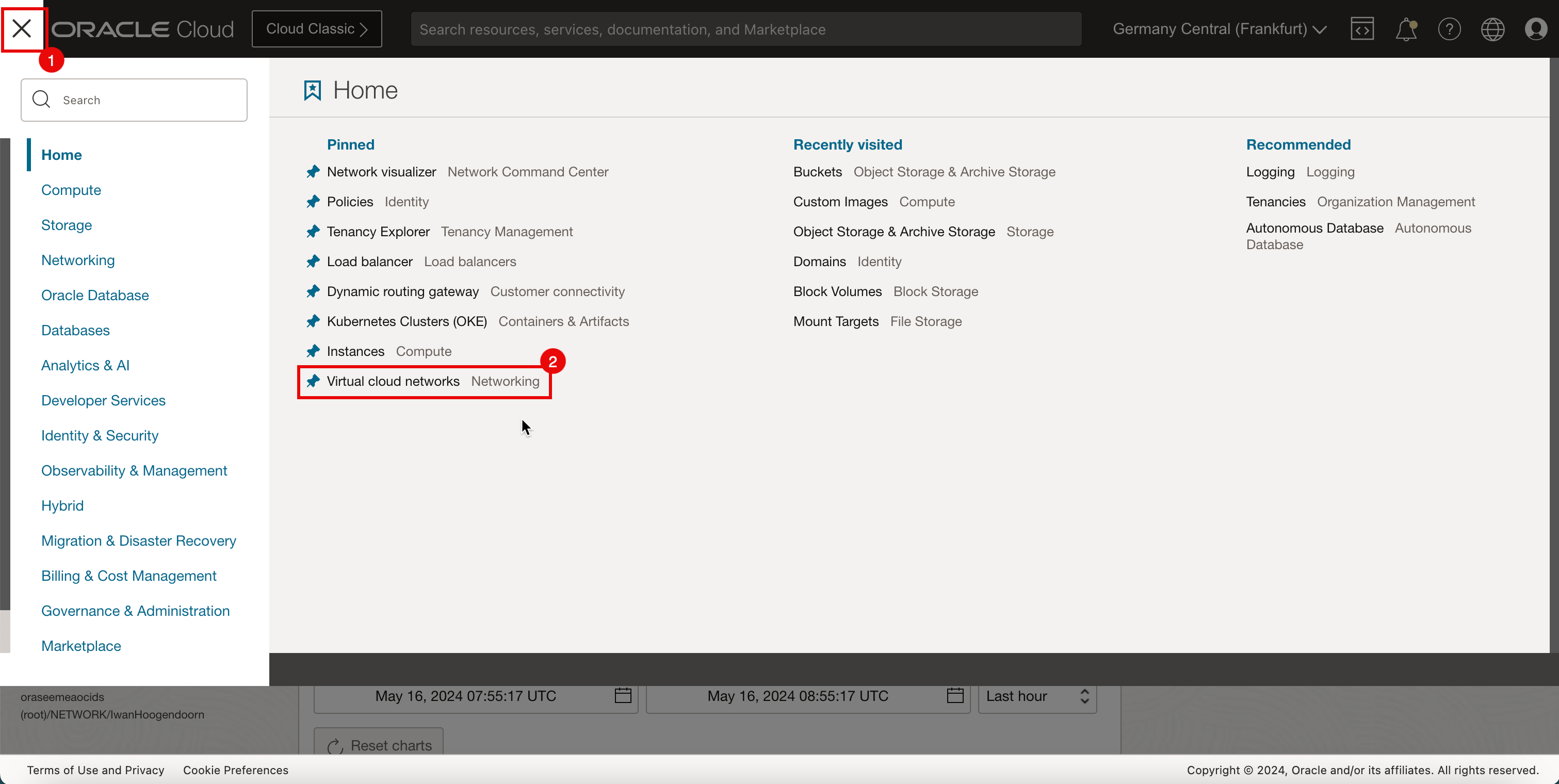

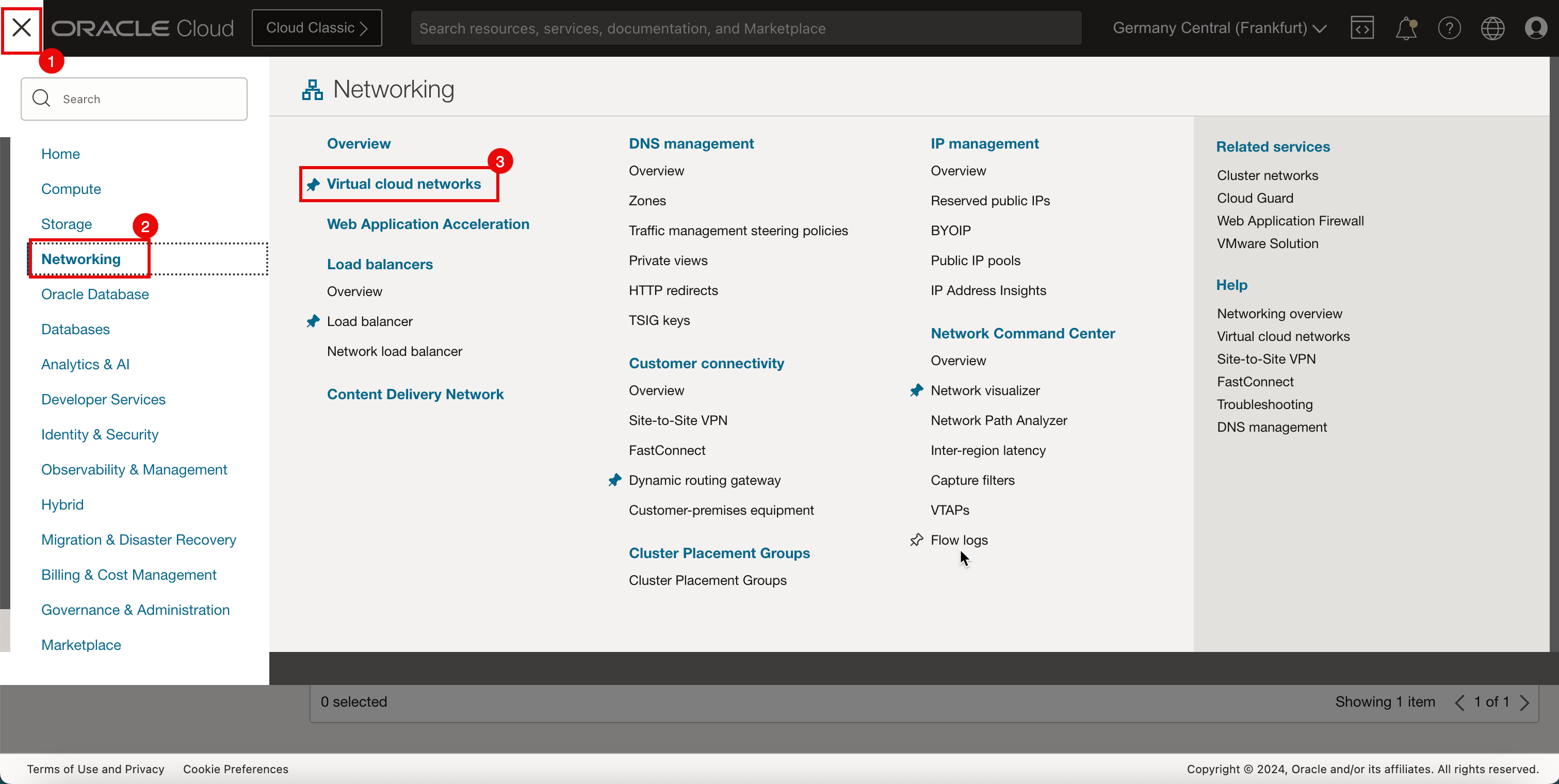

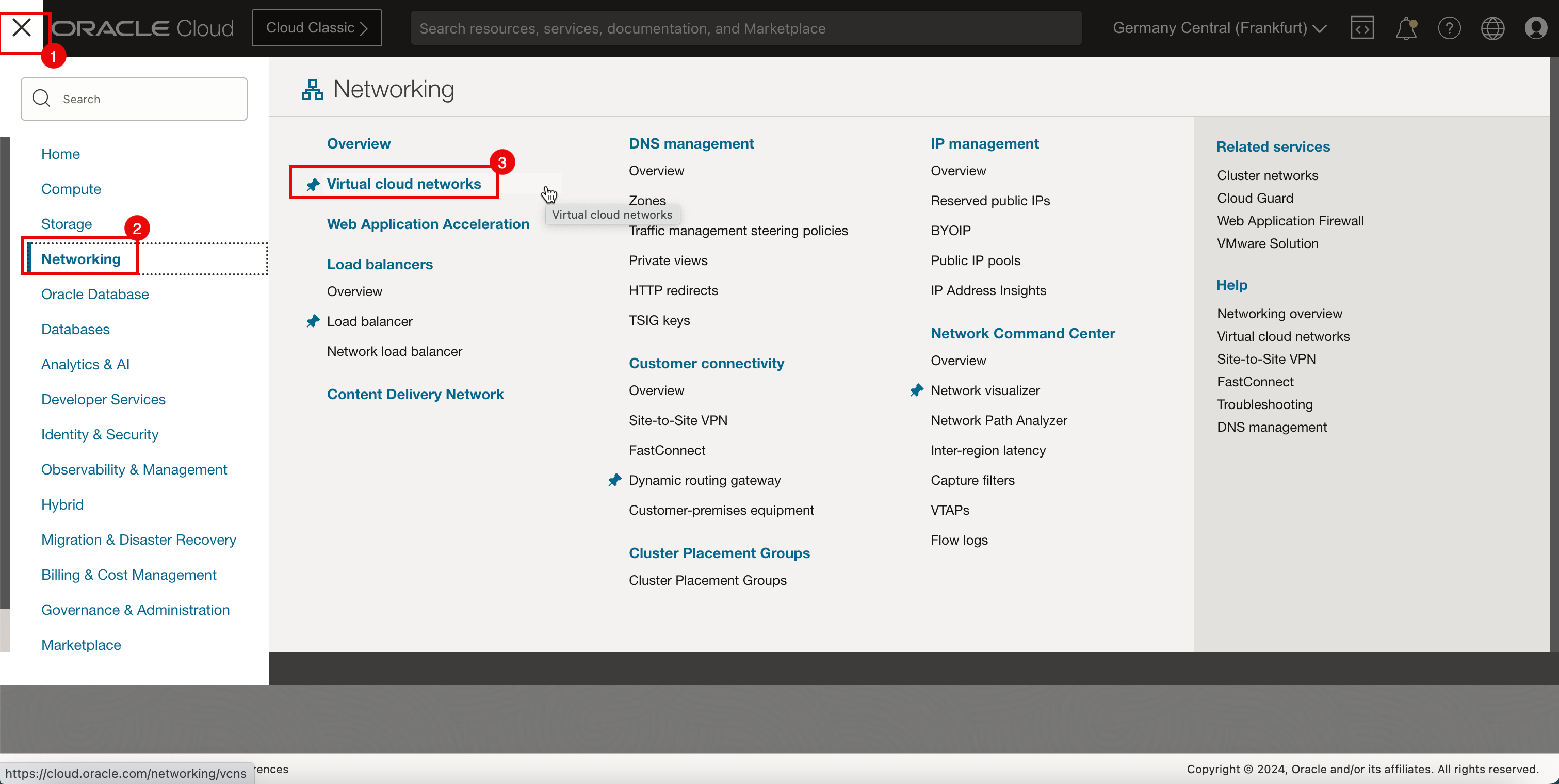

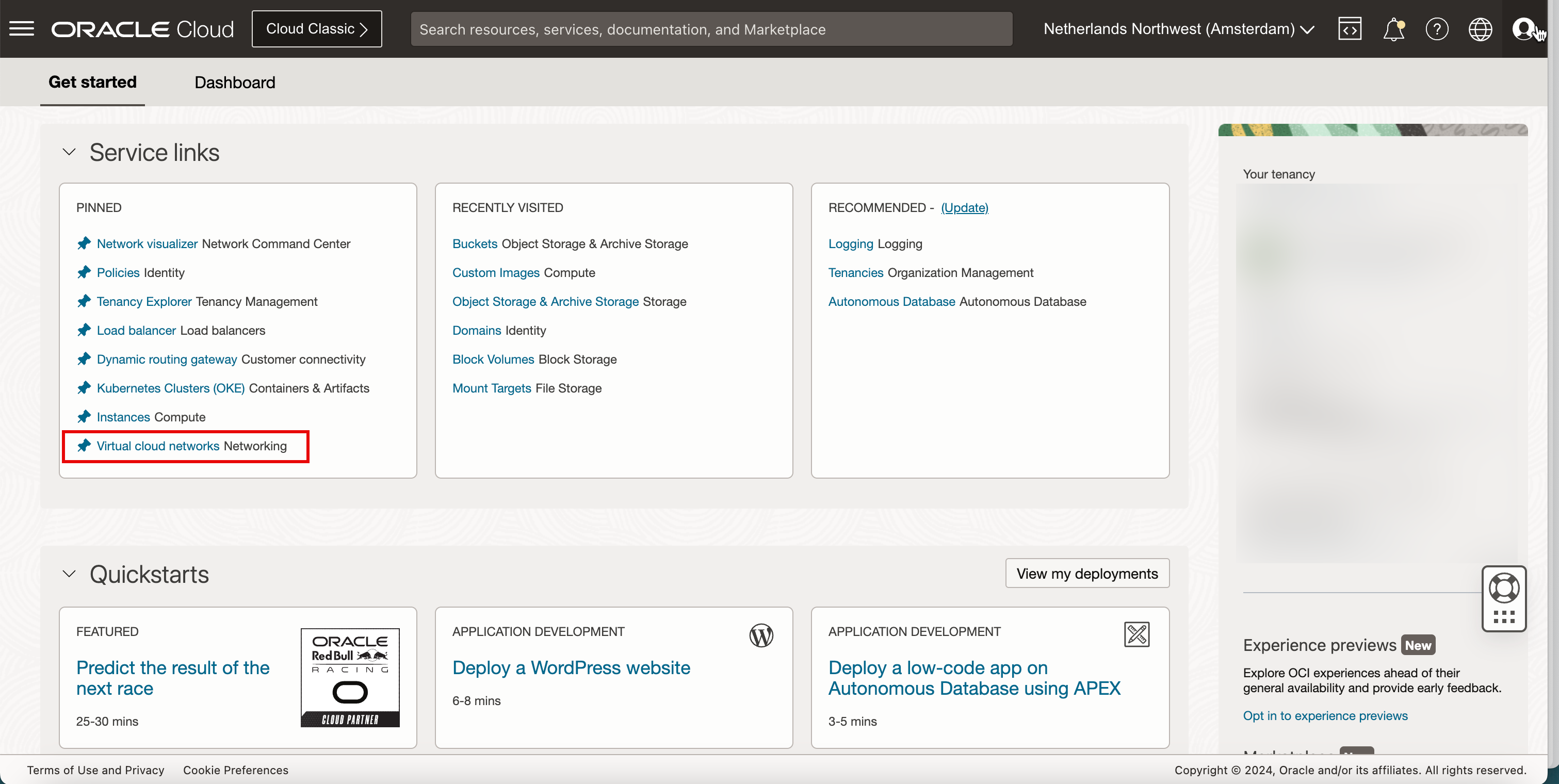

OCI 콘솔에 로그인하여 가상 클라우드 네트워킹을 클릭하거나 햄버거 메뉴(+), 네트워킹 및 가상 클라우드 네트워크를 클릭합니다.

-

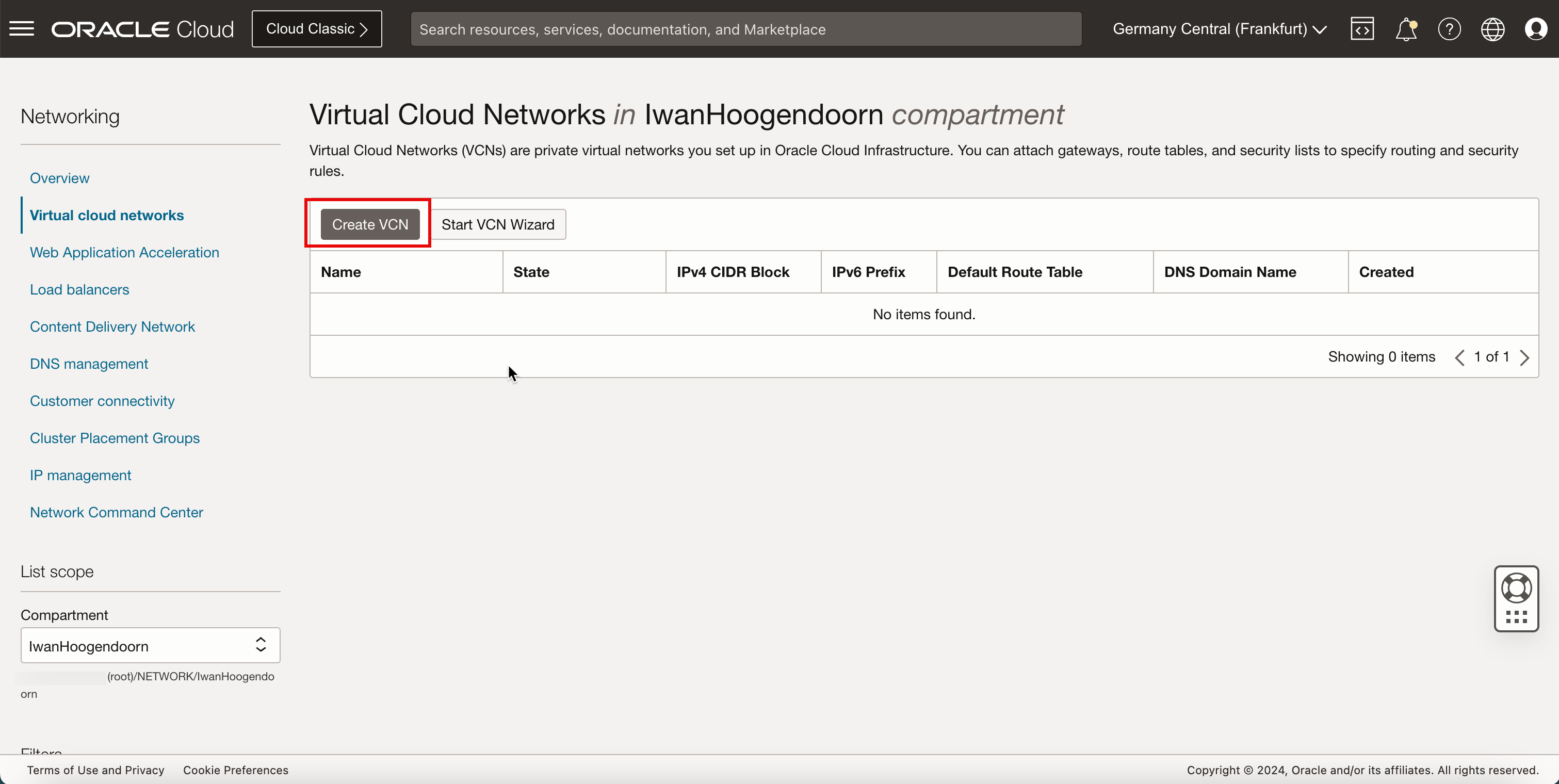

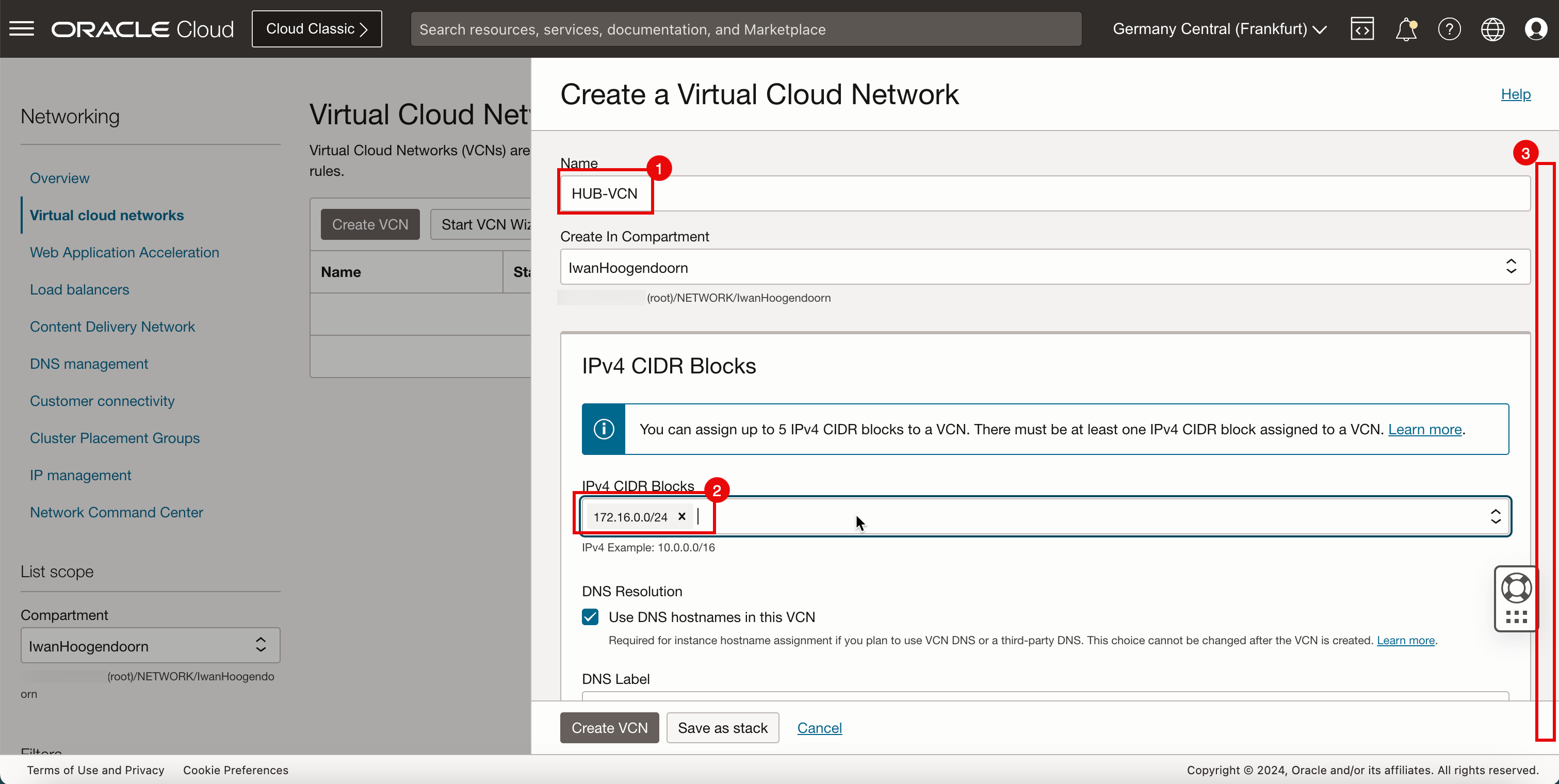

VCN 생성을 눌러 VCN을 생성합니다.

- 허브 VCN에 대한 이름을 입력합니다.

- 허브 VCN에 대한 IPv4 CIDR 블록을 입력합니다.

- 아래로.

-

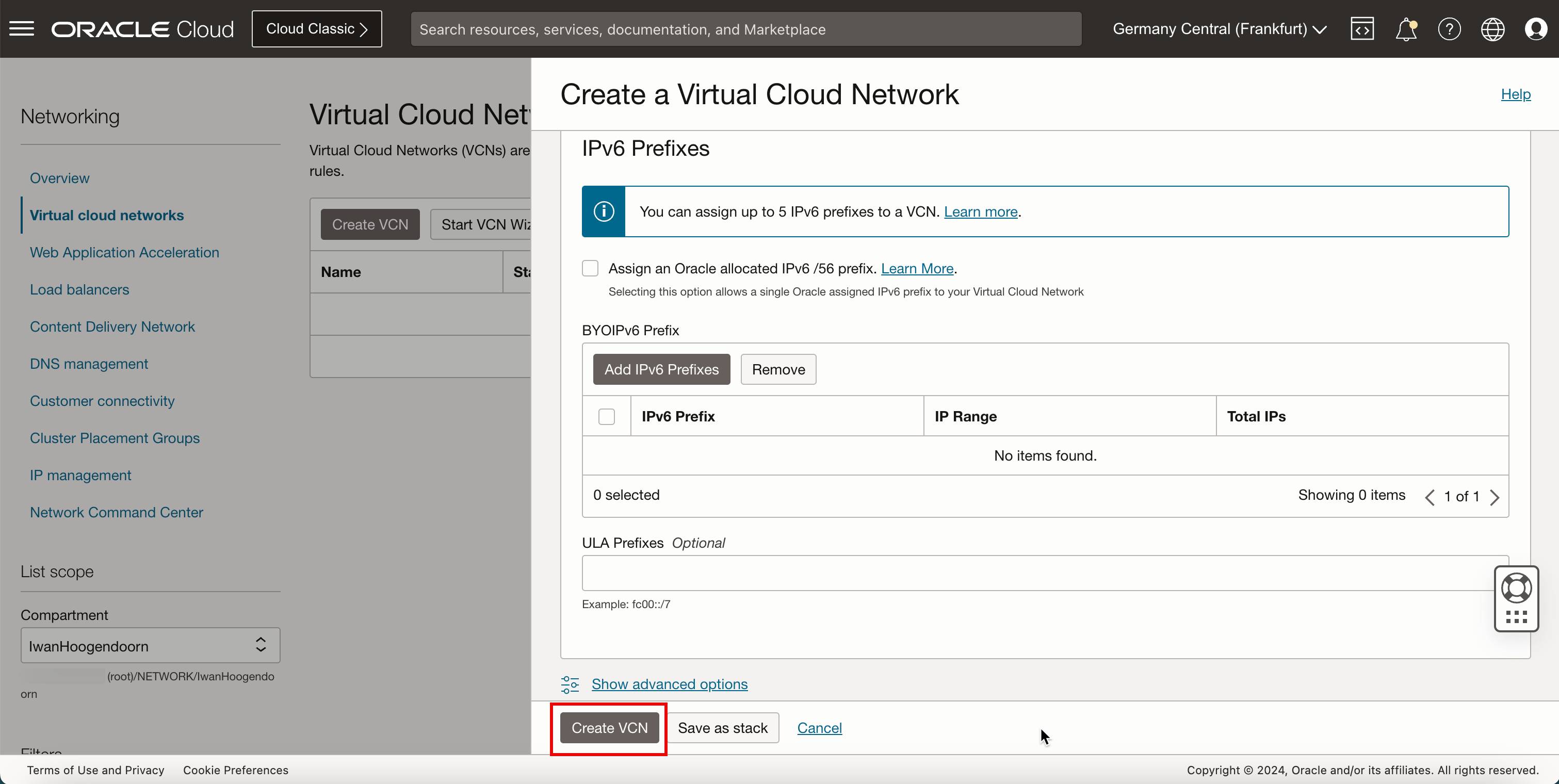

VCN 생성을 누릅니다.

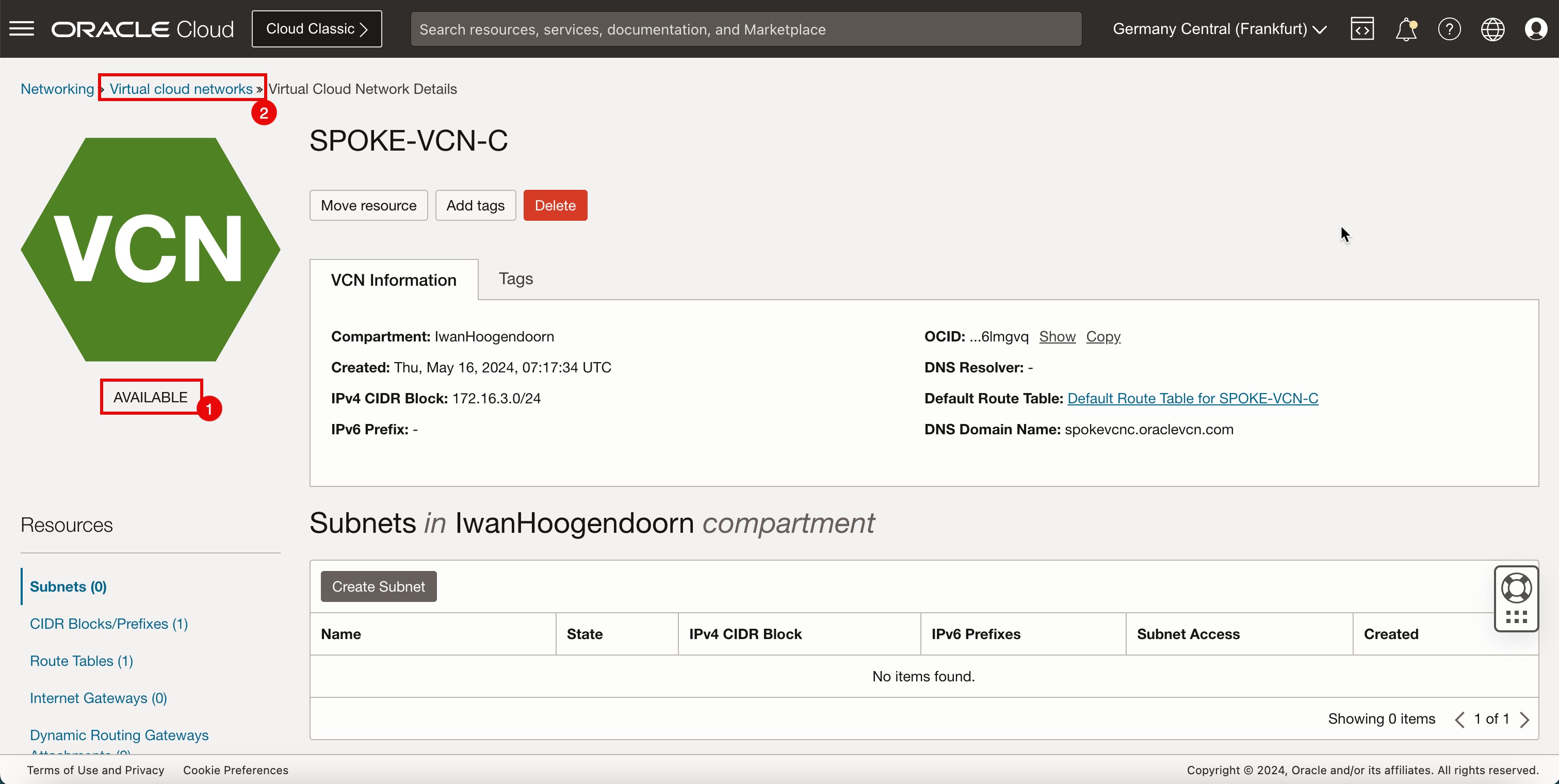

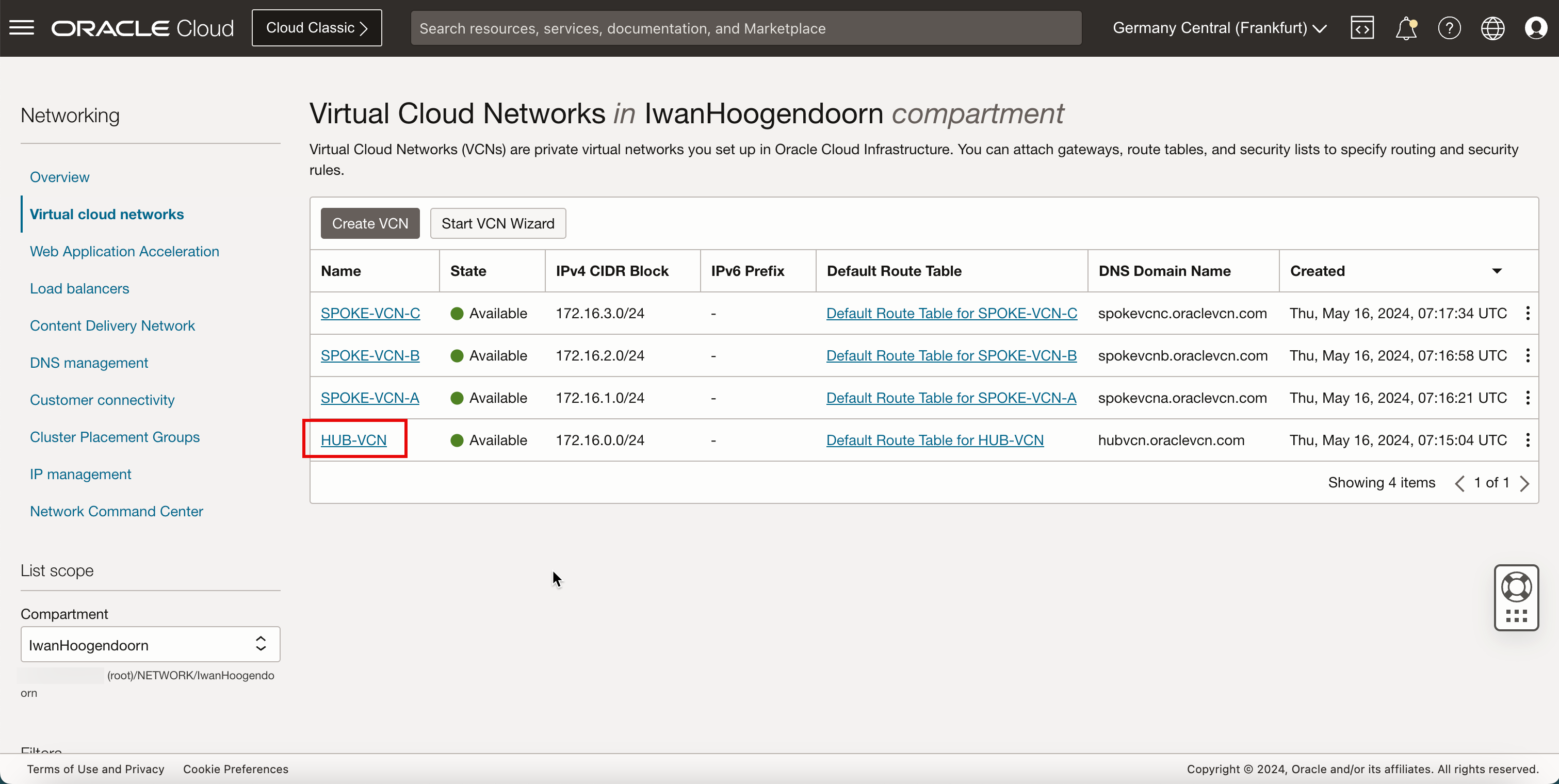

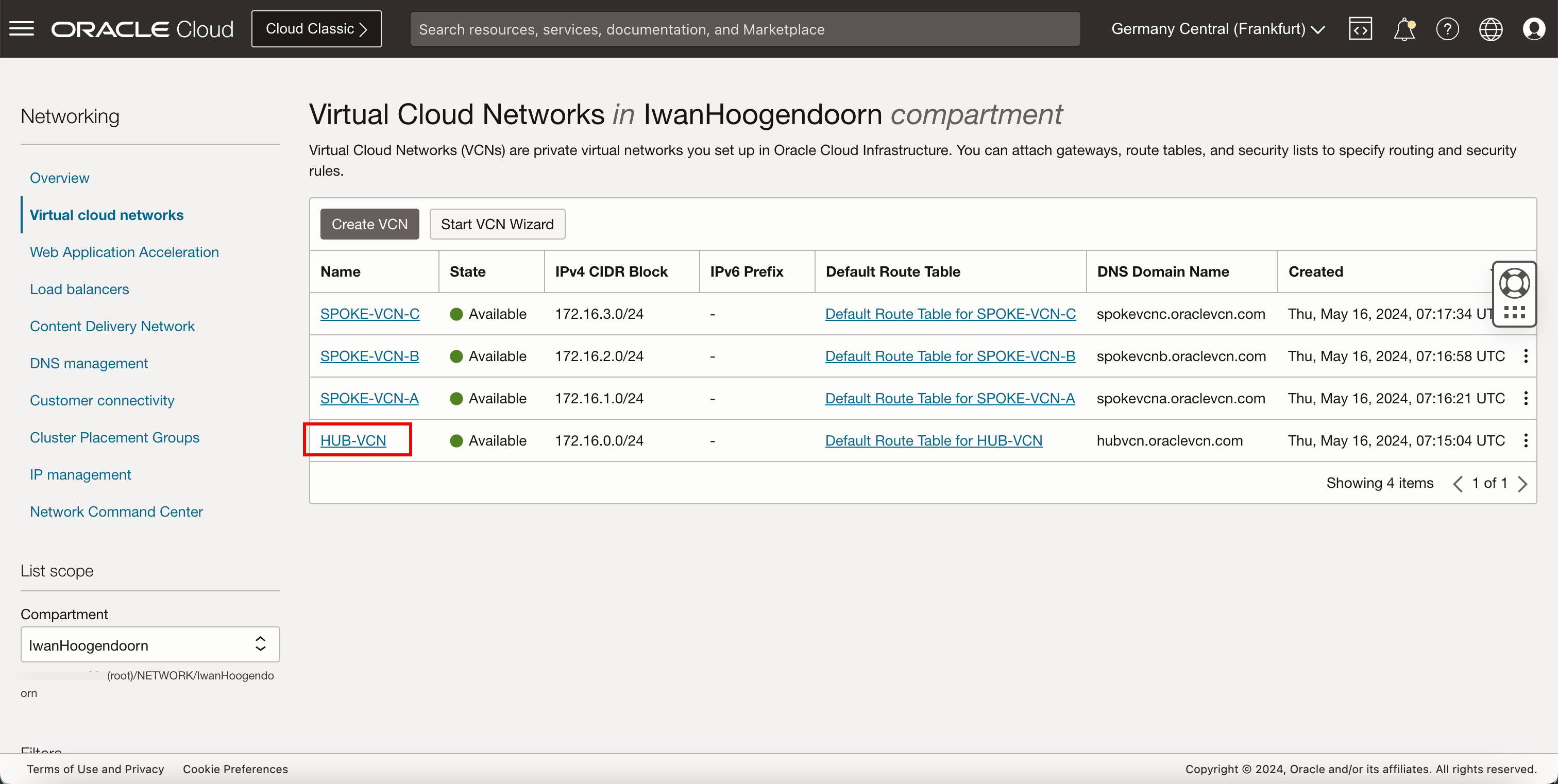

- 허브 VCN이 AVAILABLE 상태입니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

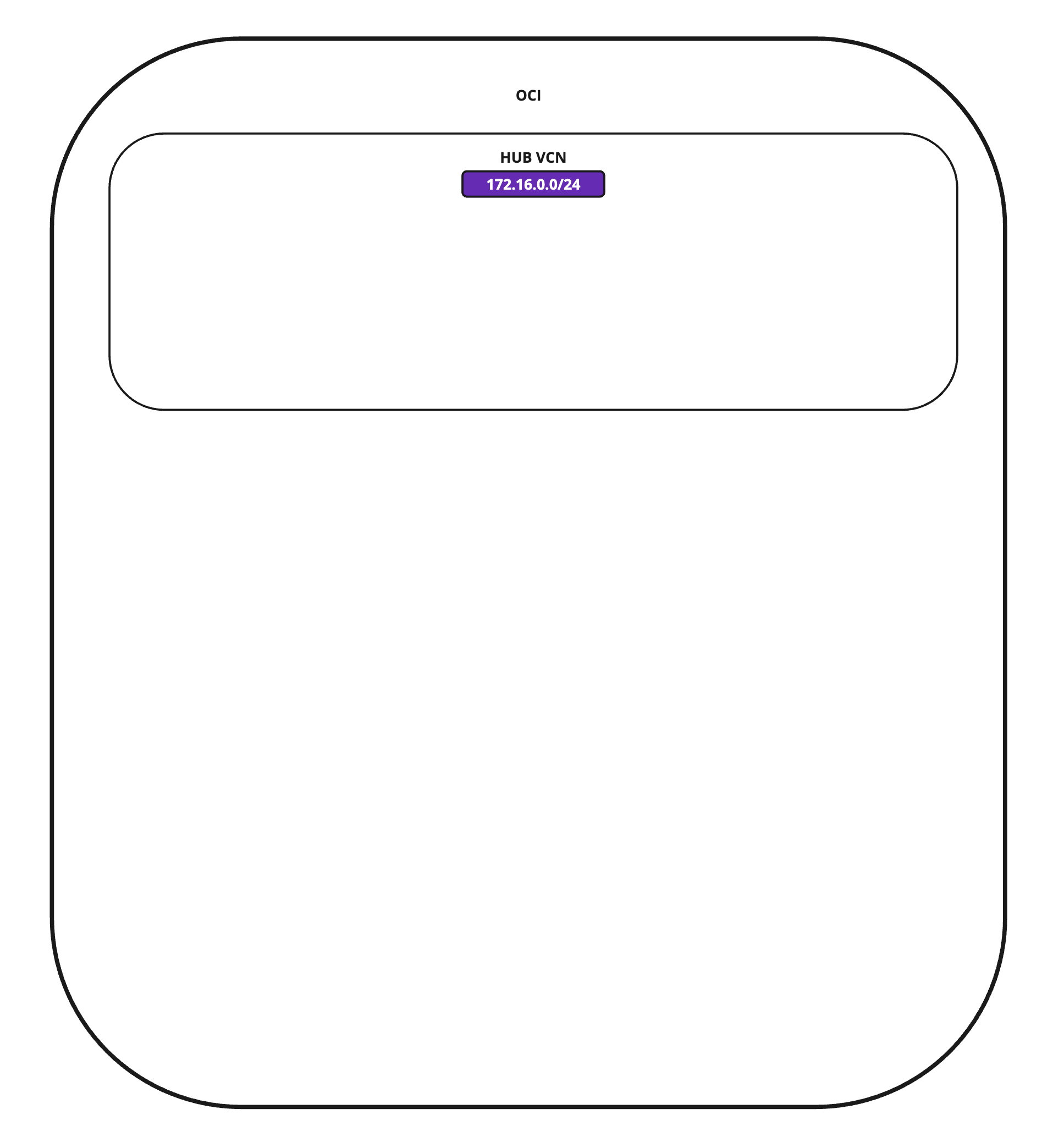

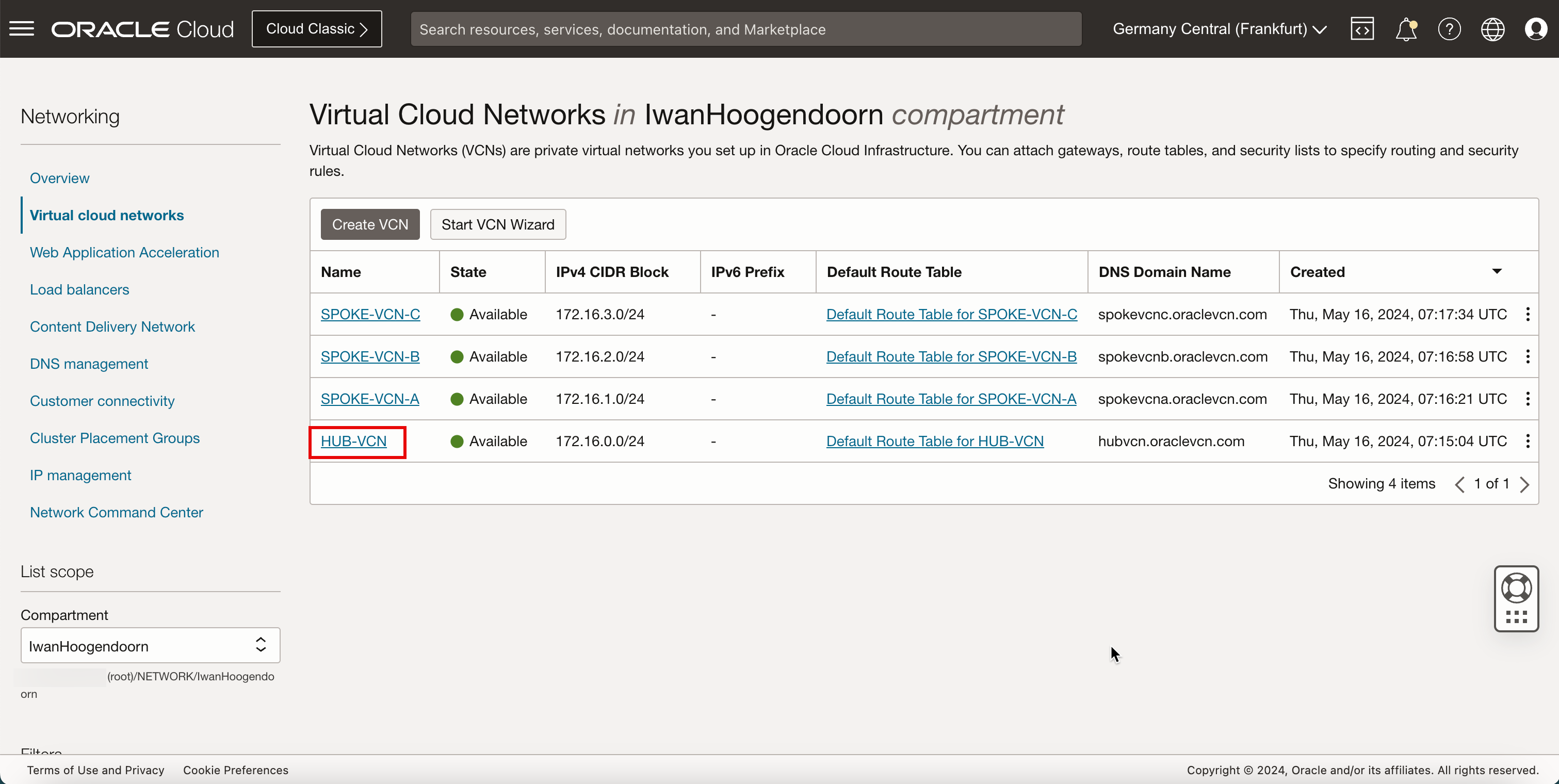

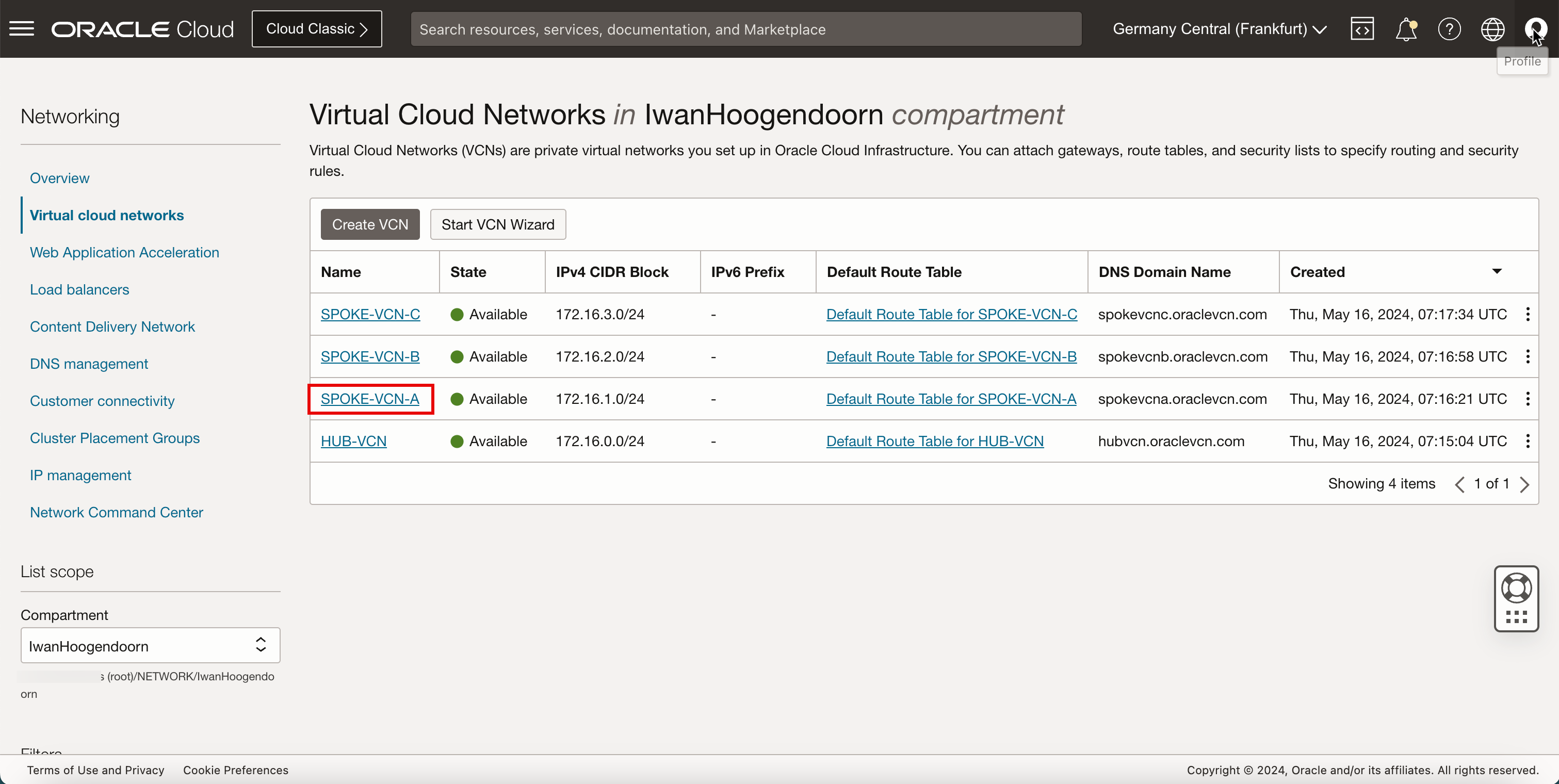

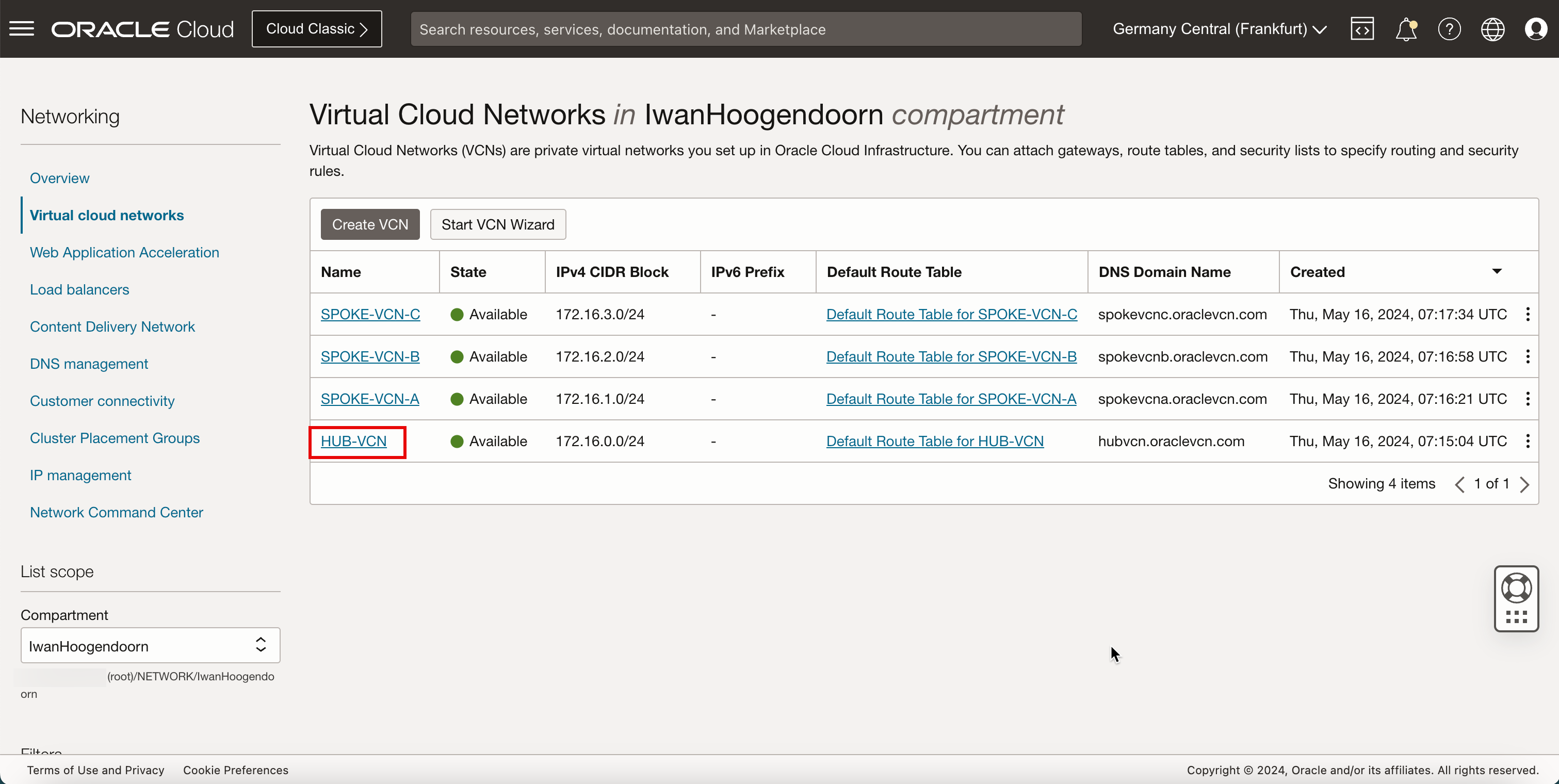

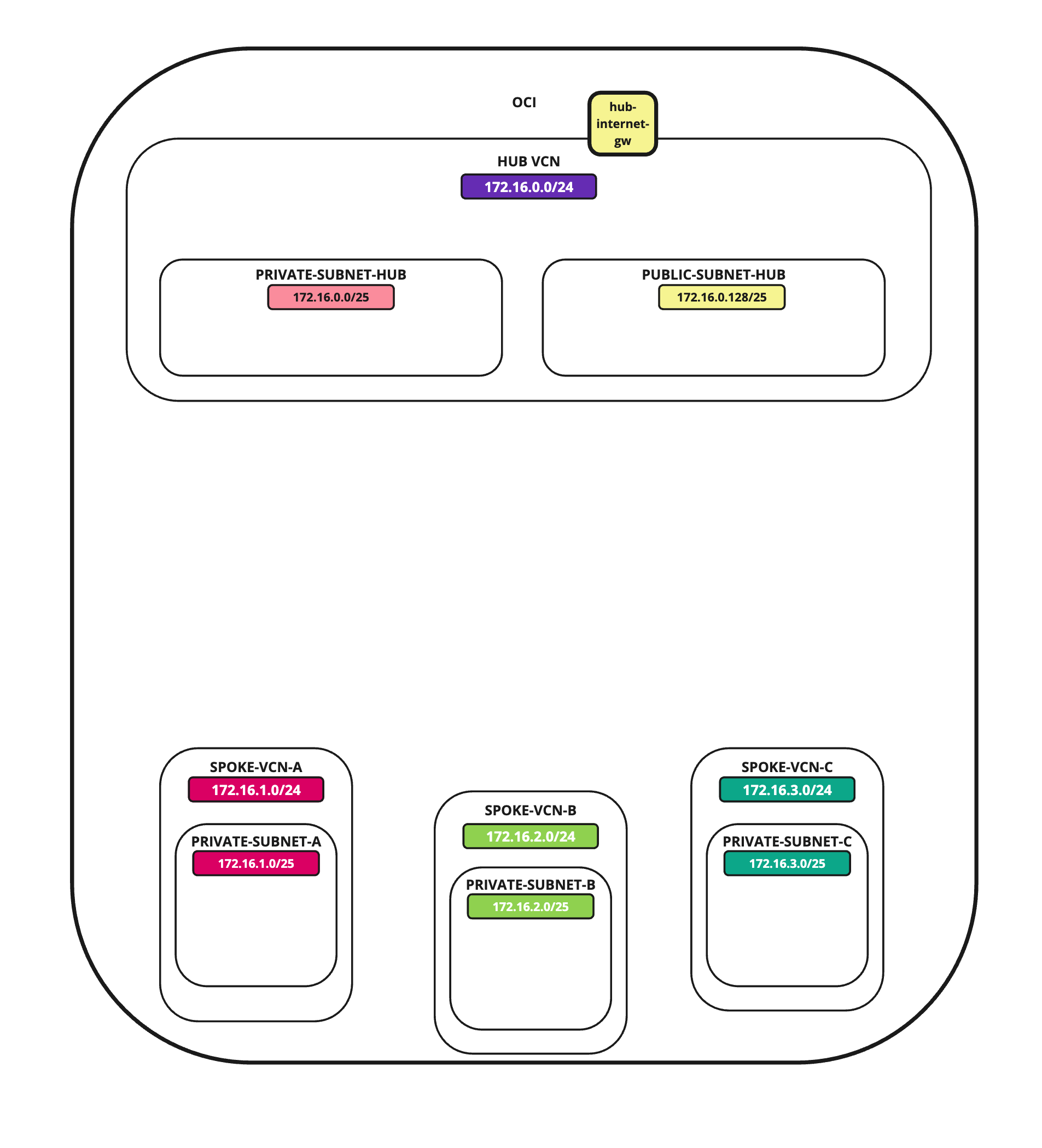

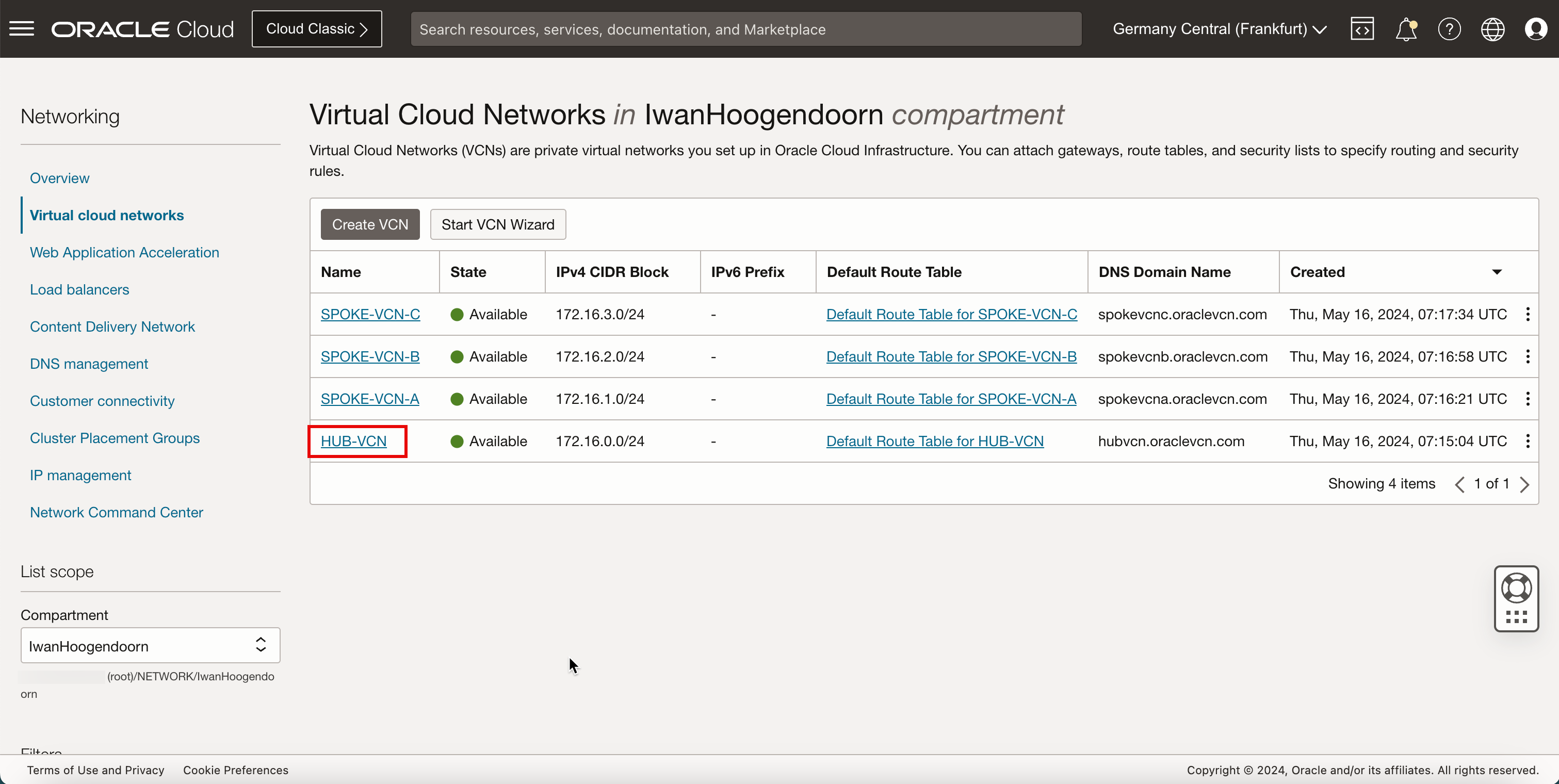

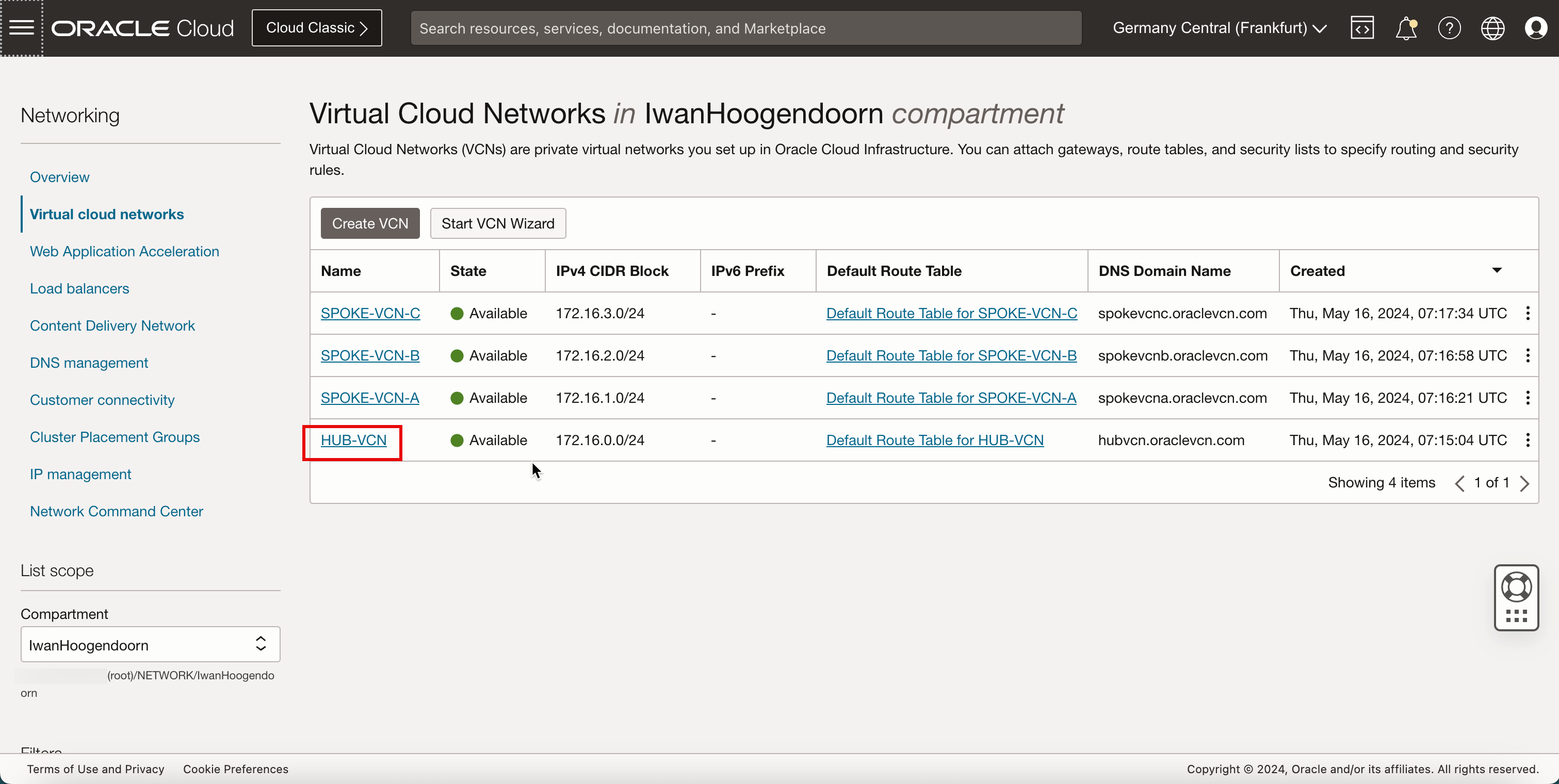

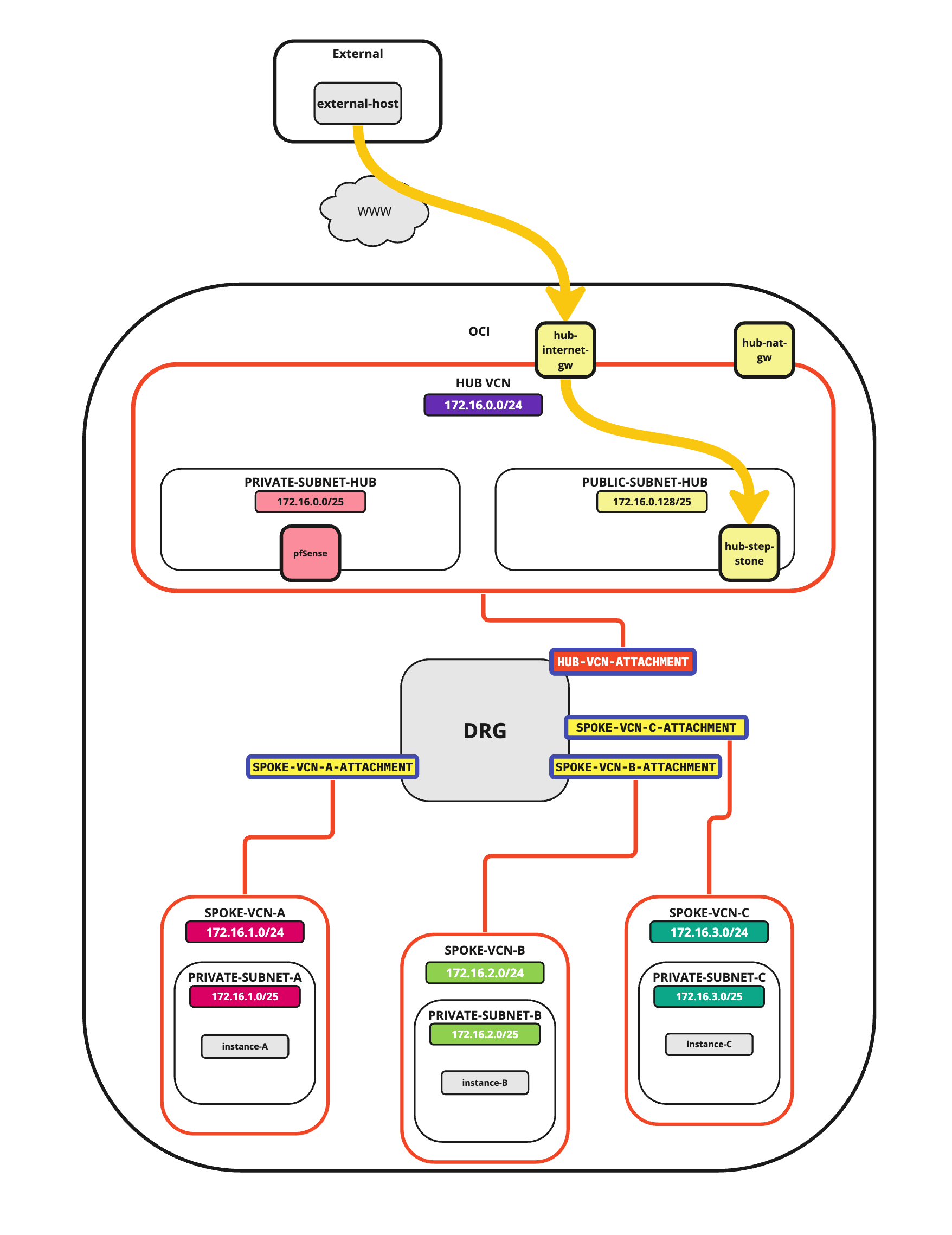

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

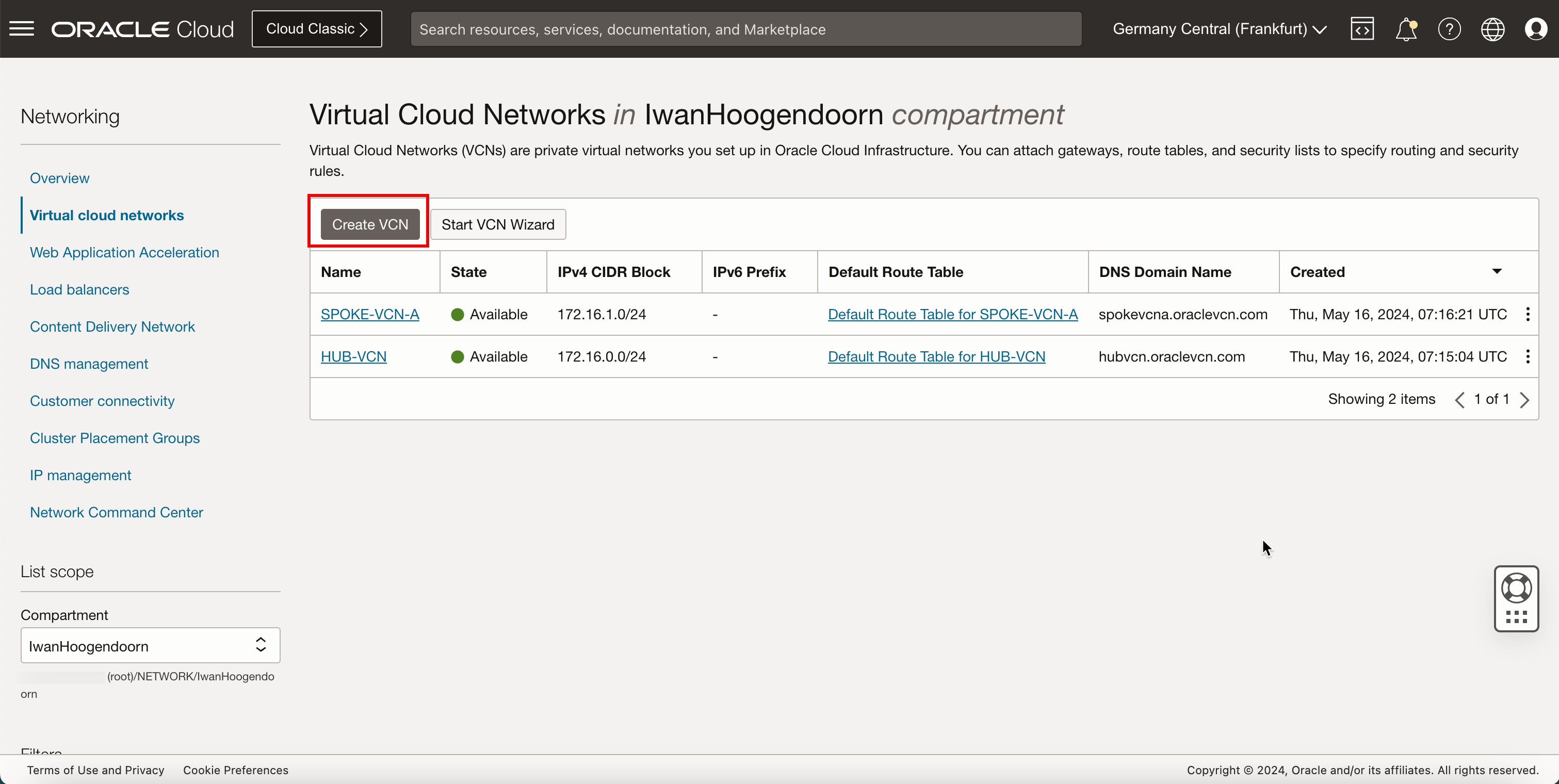

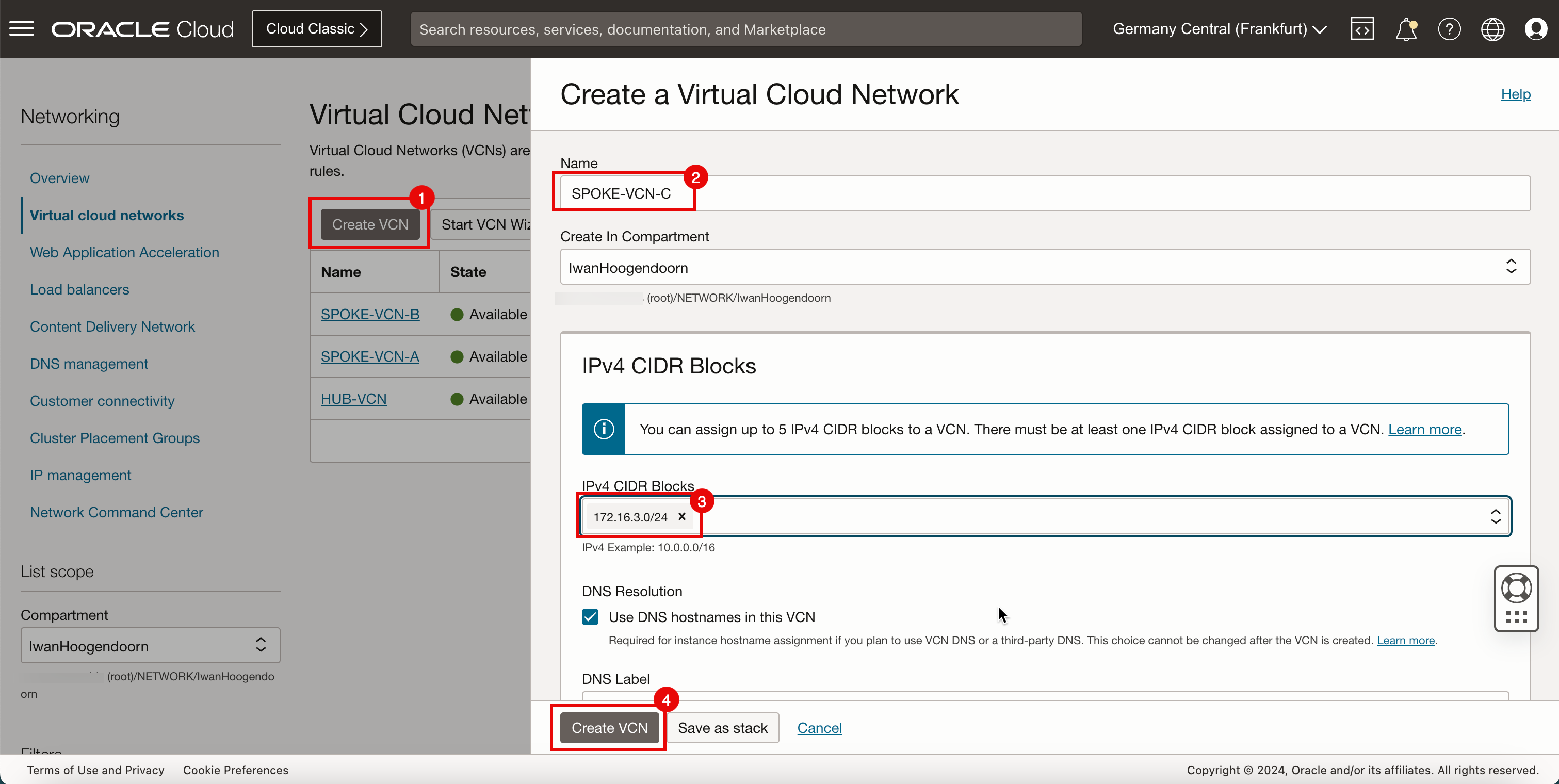

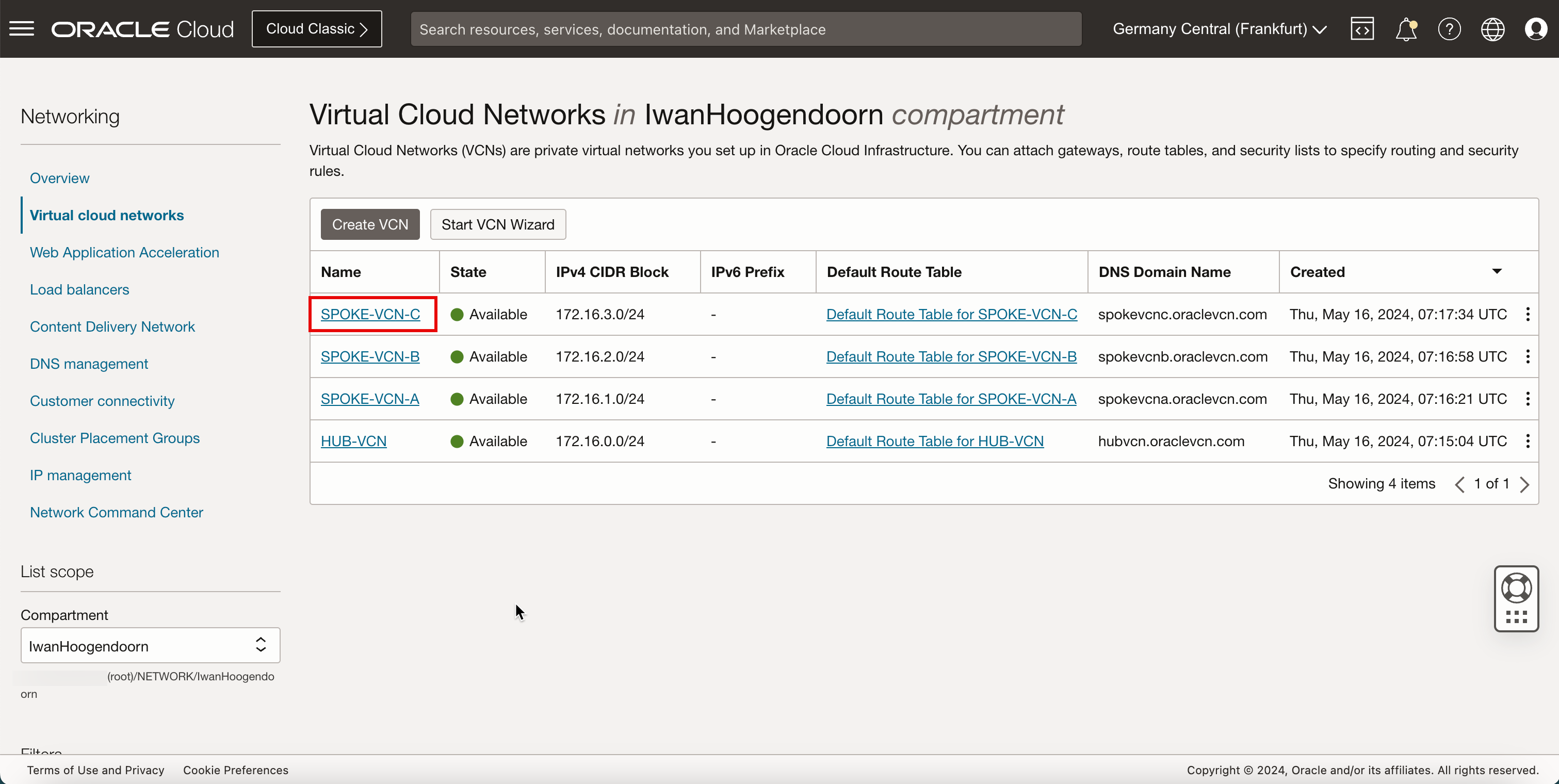

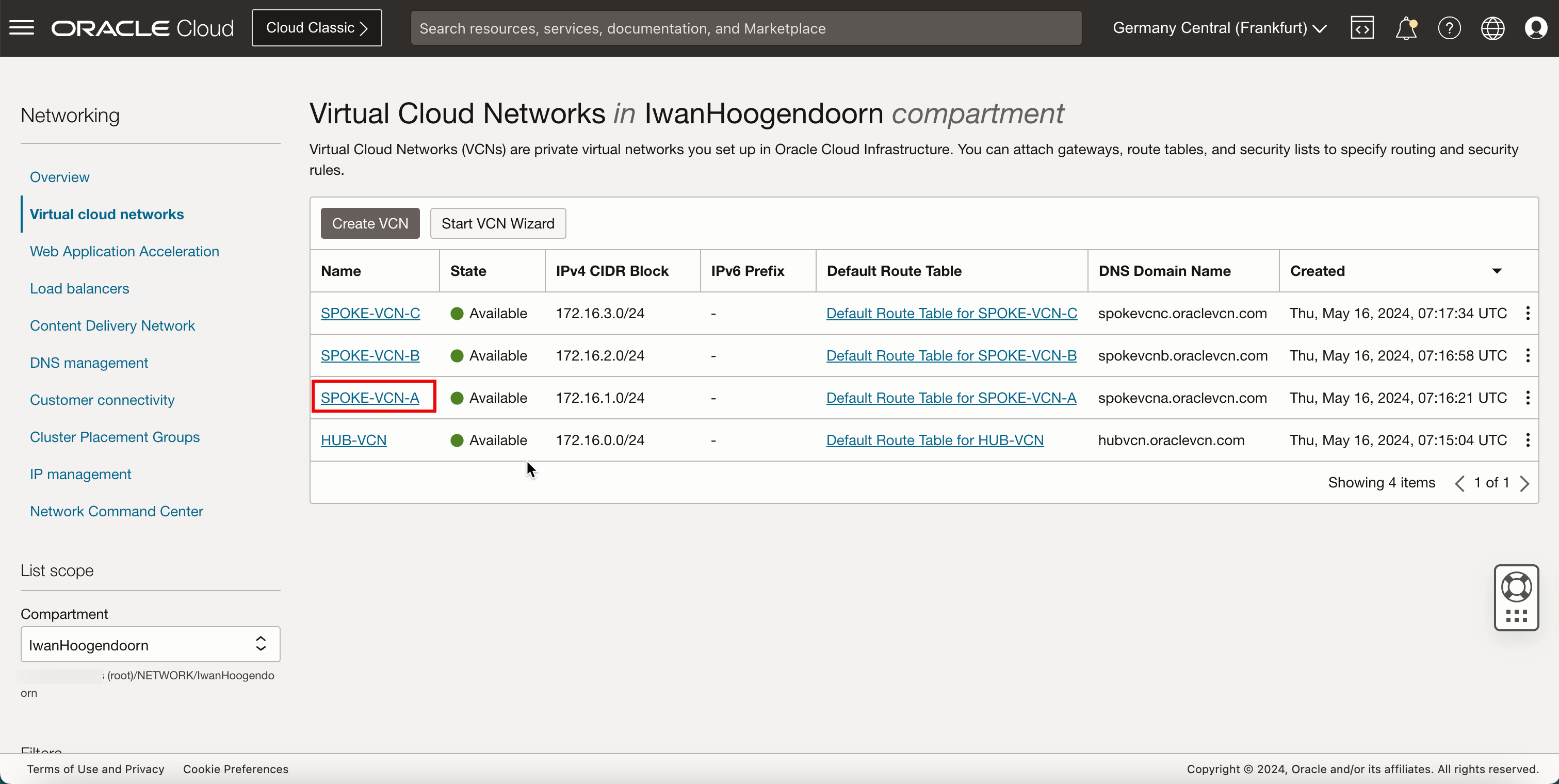

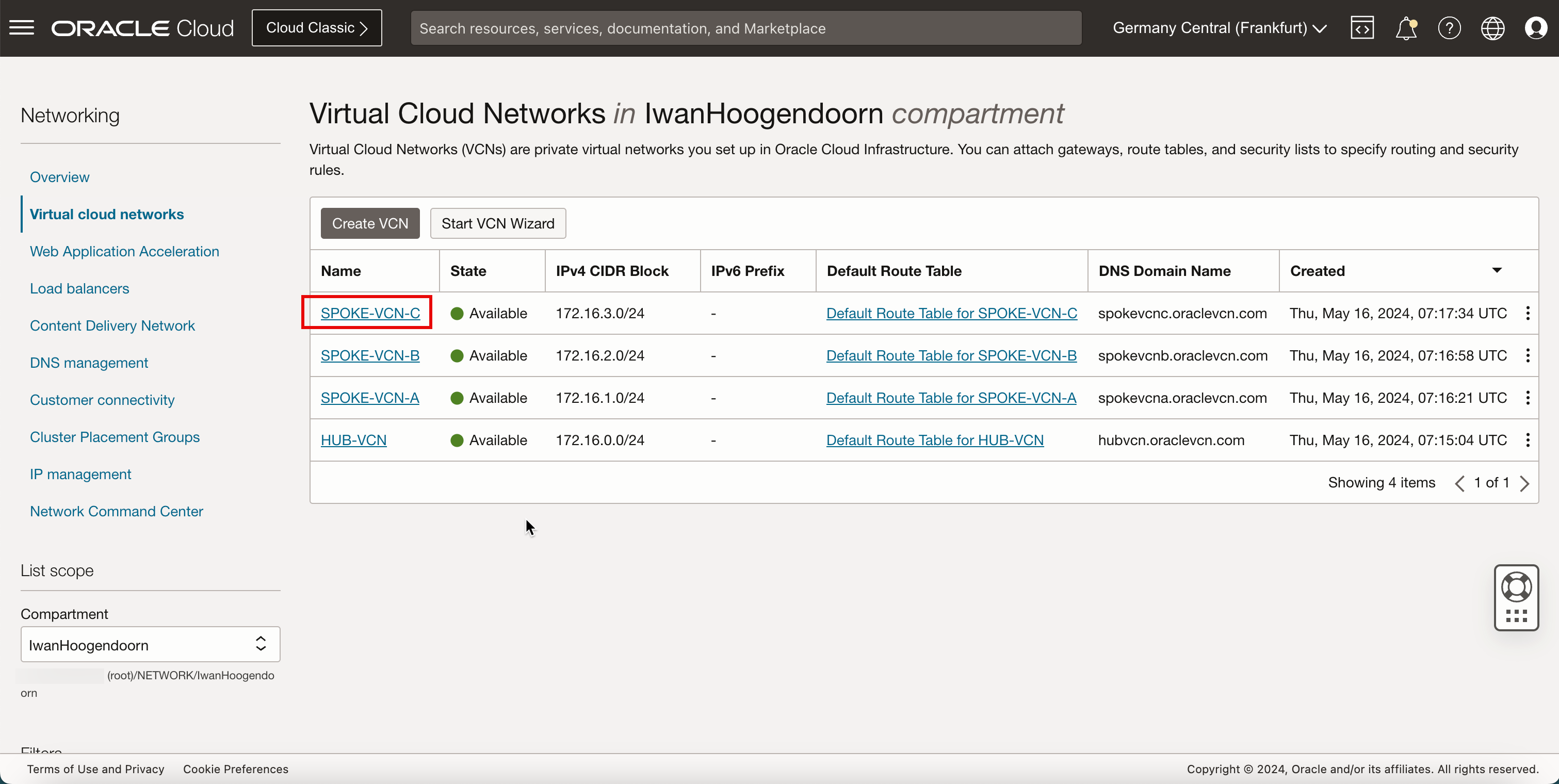

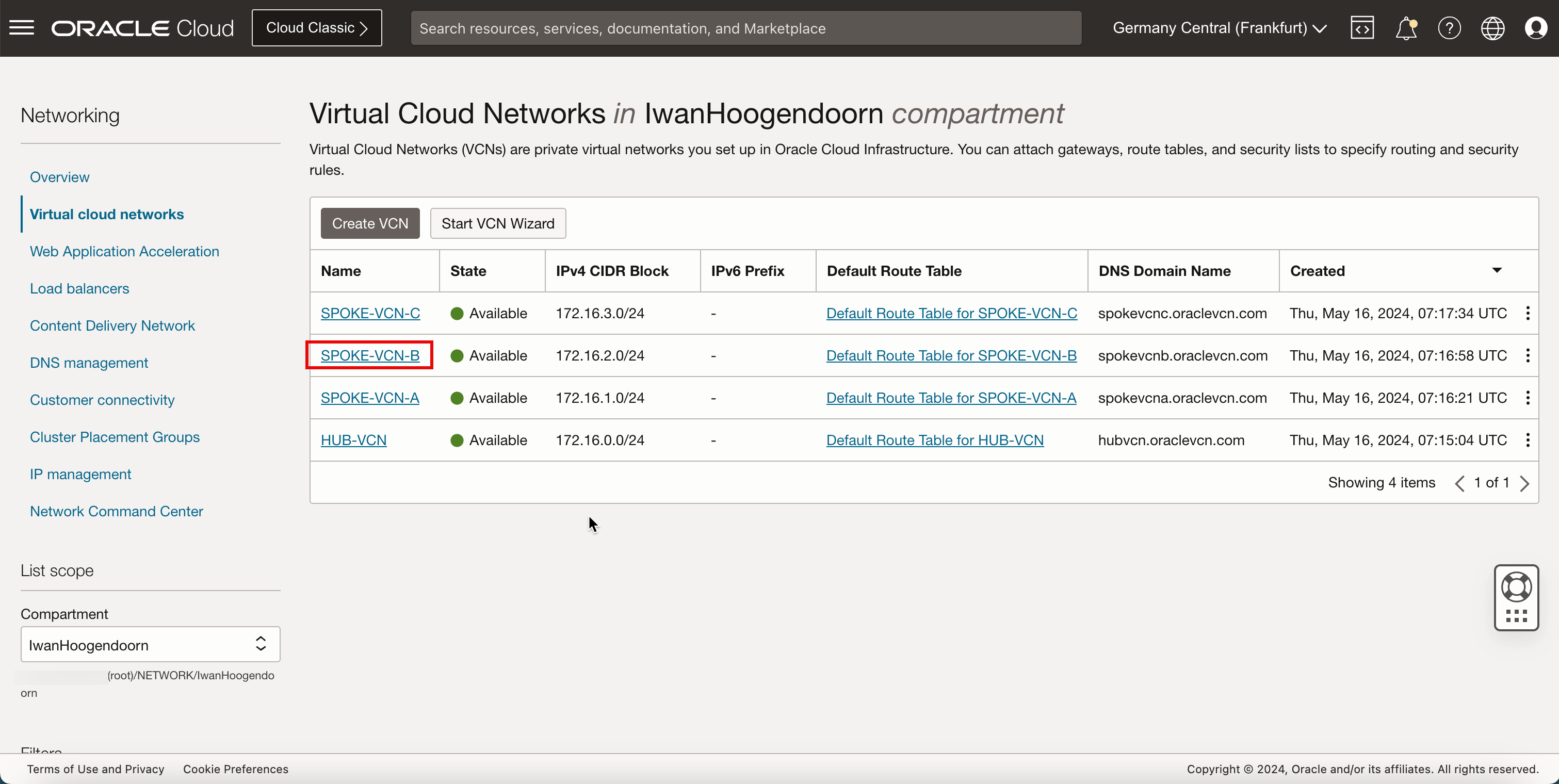

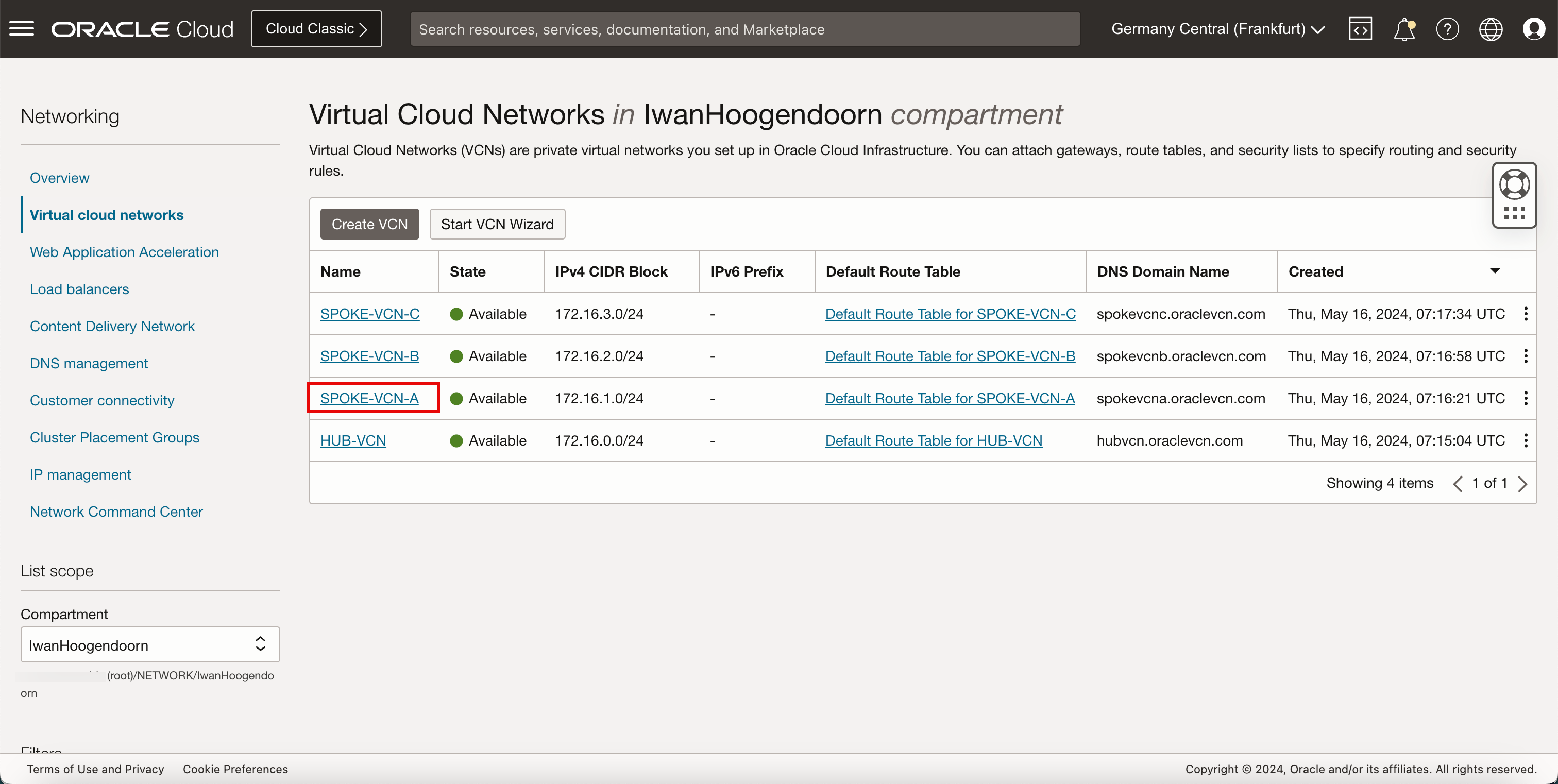

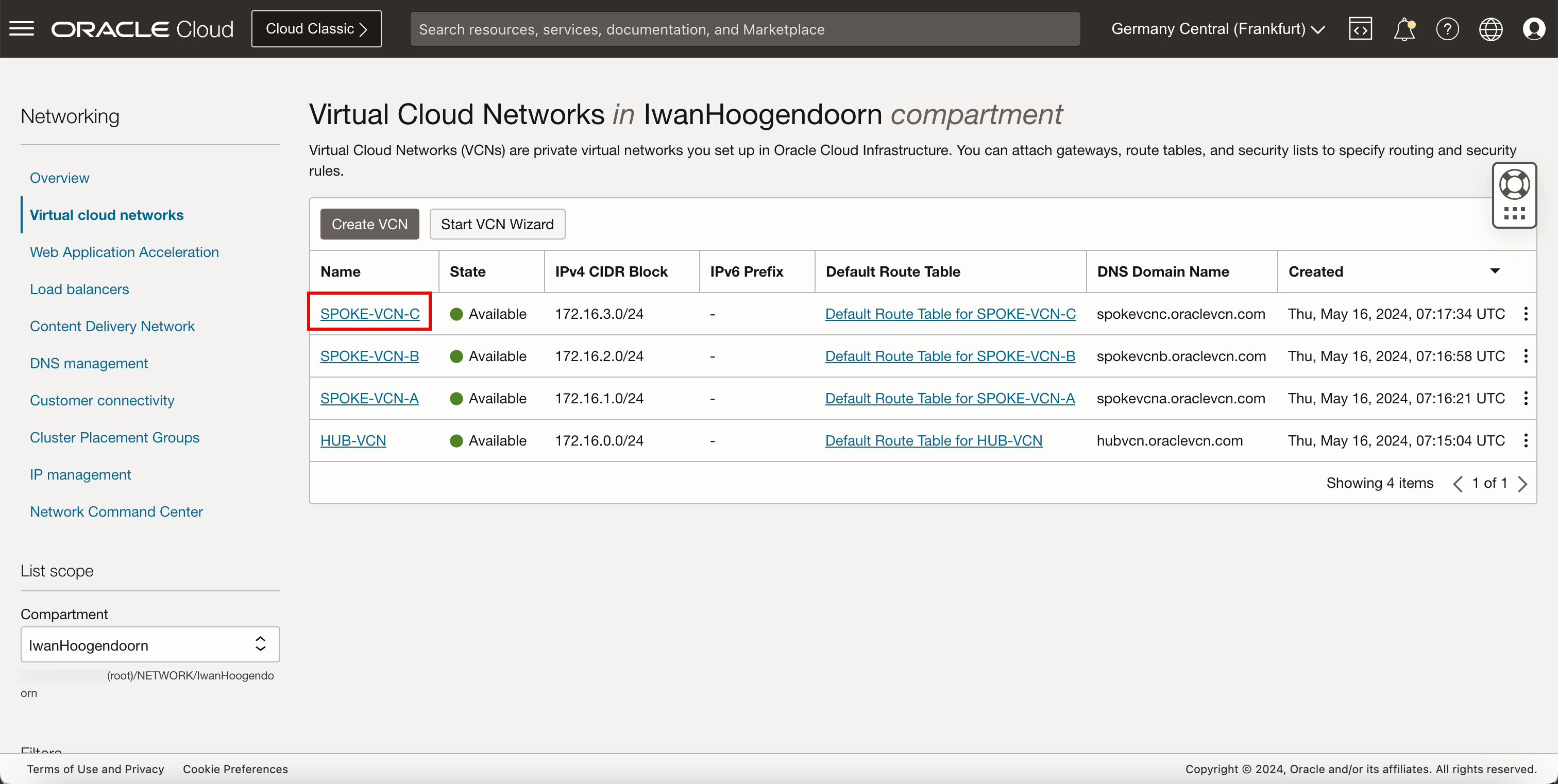

이제 세 개의 스포크 VCN(스포크 A, 스포크 B 및 스포크 C)을 생성합니다.

-

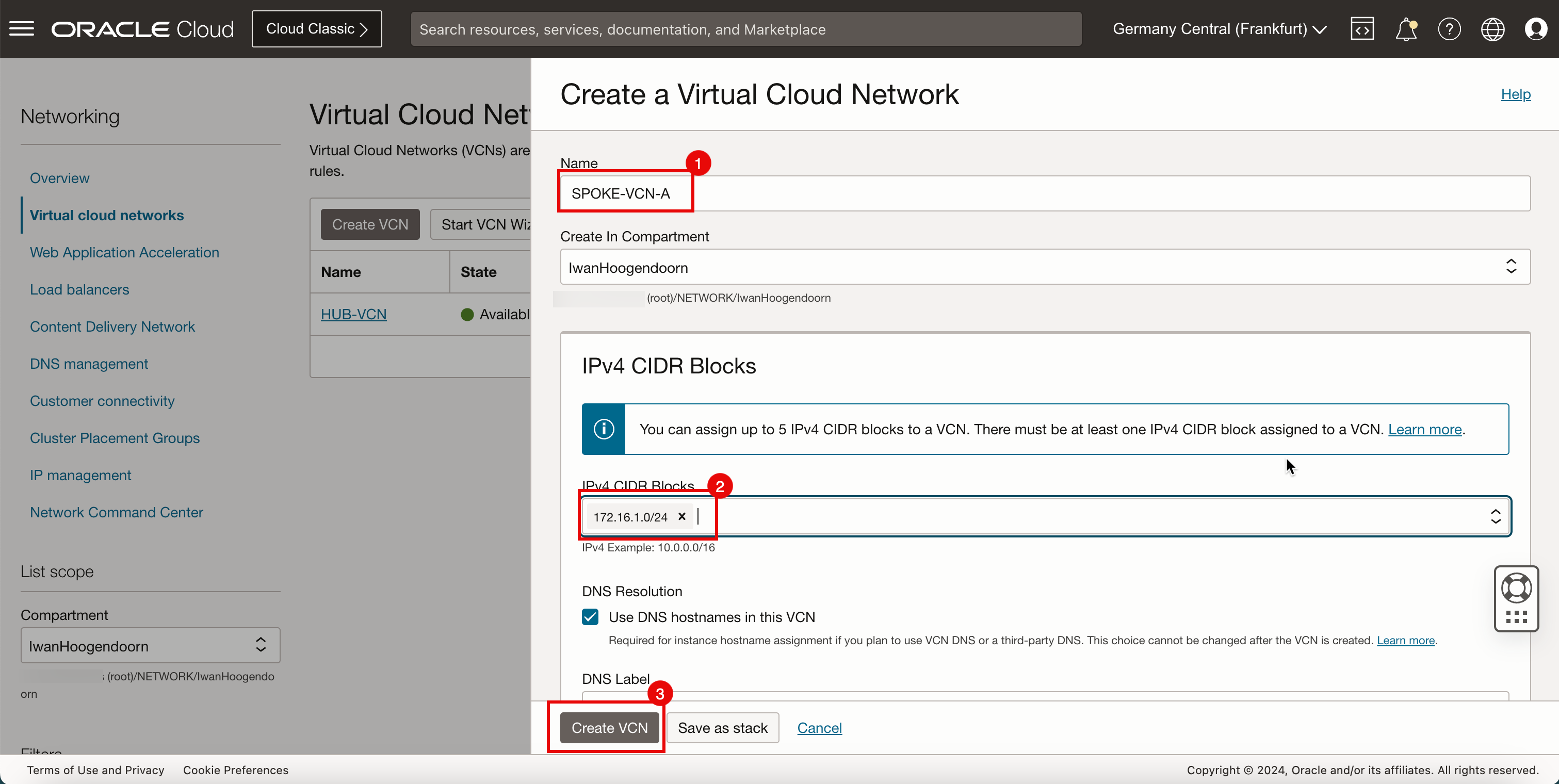

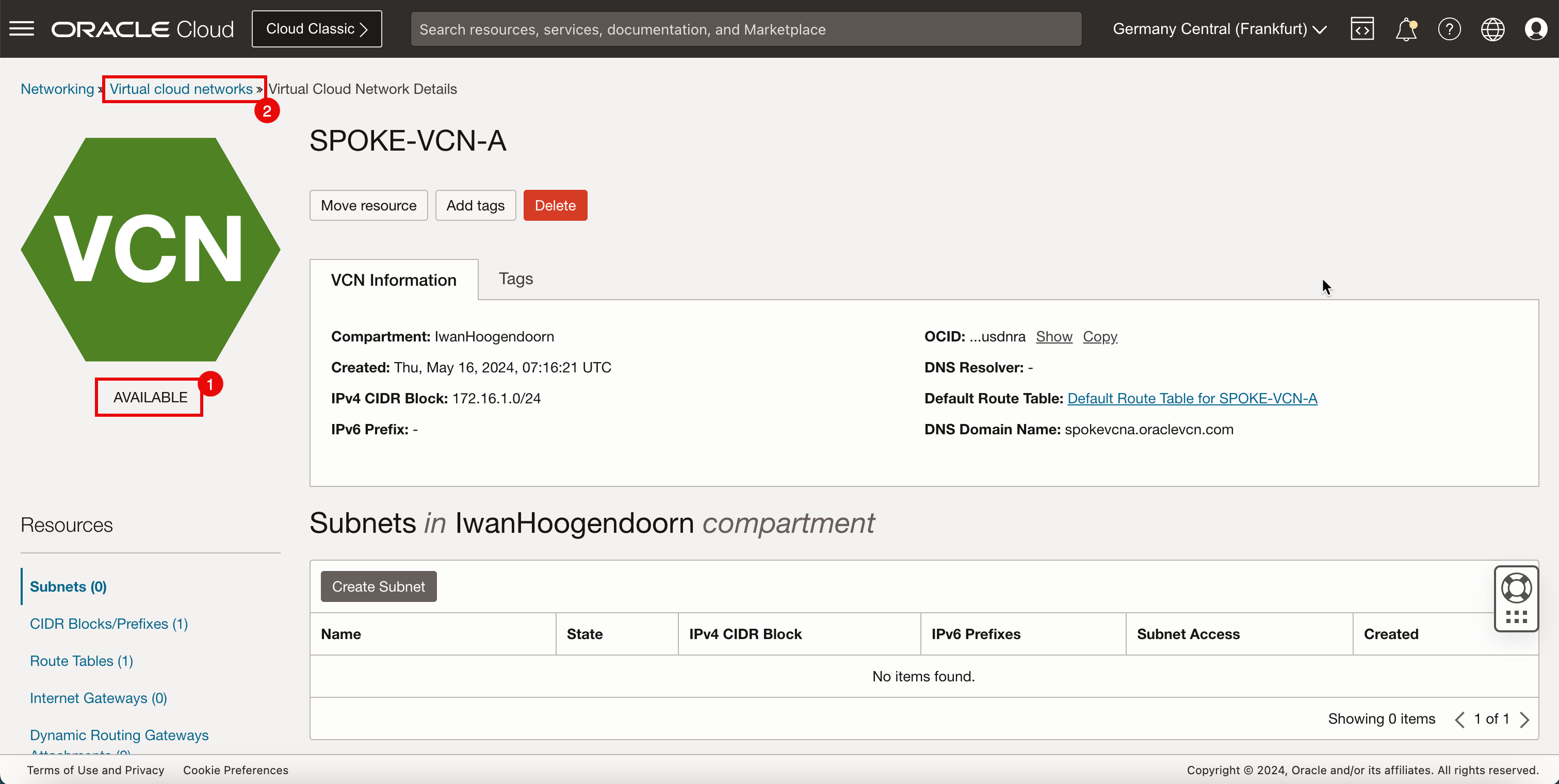

VCN 생성을 눌러 첫번째 스포크 VCN(스포크 A)을 생성합니다.

- 스포크 VCN에 대한 이름을 입력합니다.

- 스포크 VCN에 대한 IPv4 CIDR 블록을 입력합니다.

- VCN 생성을 누릅니다.

- 스포크 VCN이 AVAILABLE 상태입니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

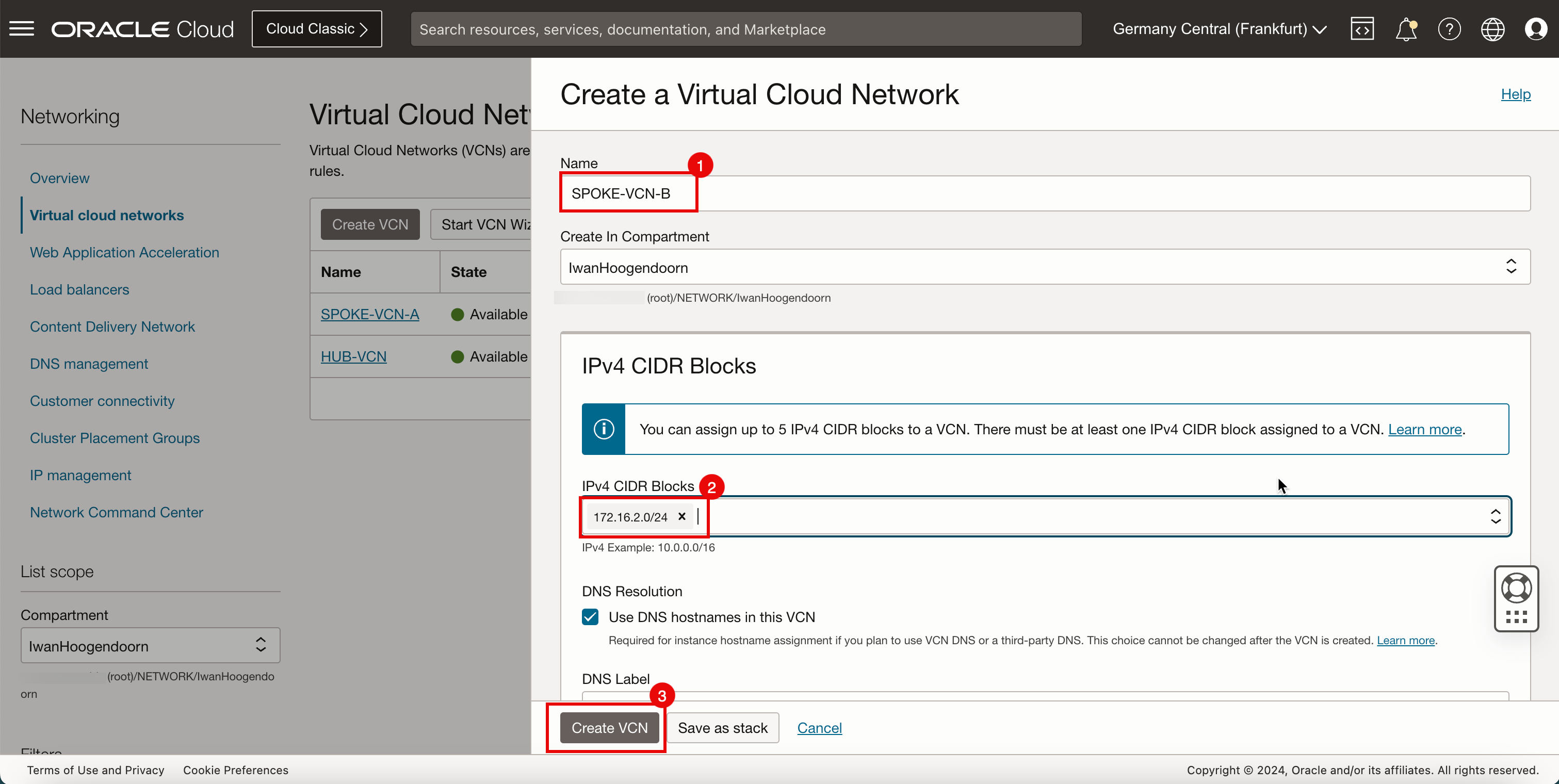

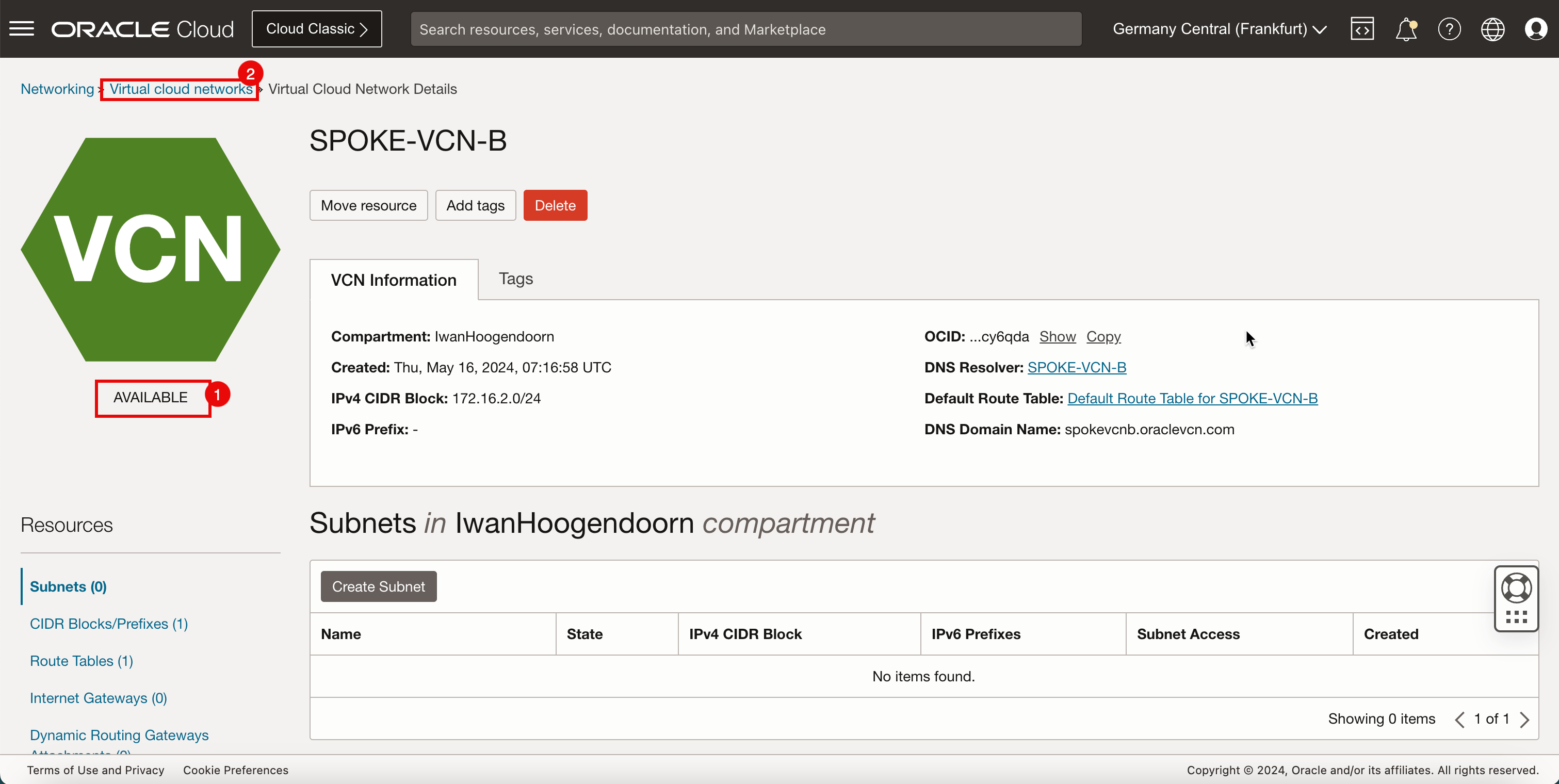

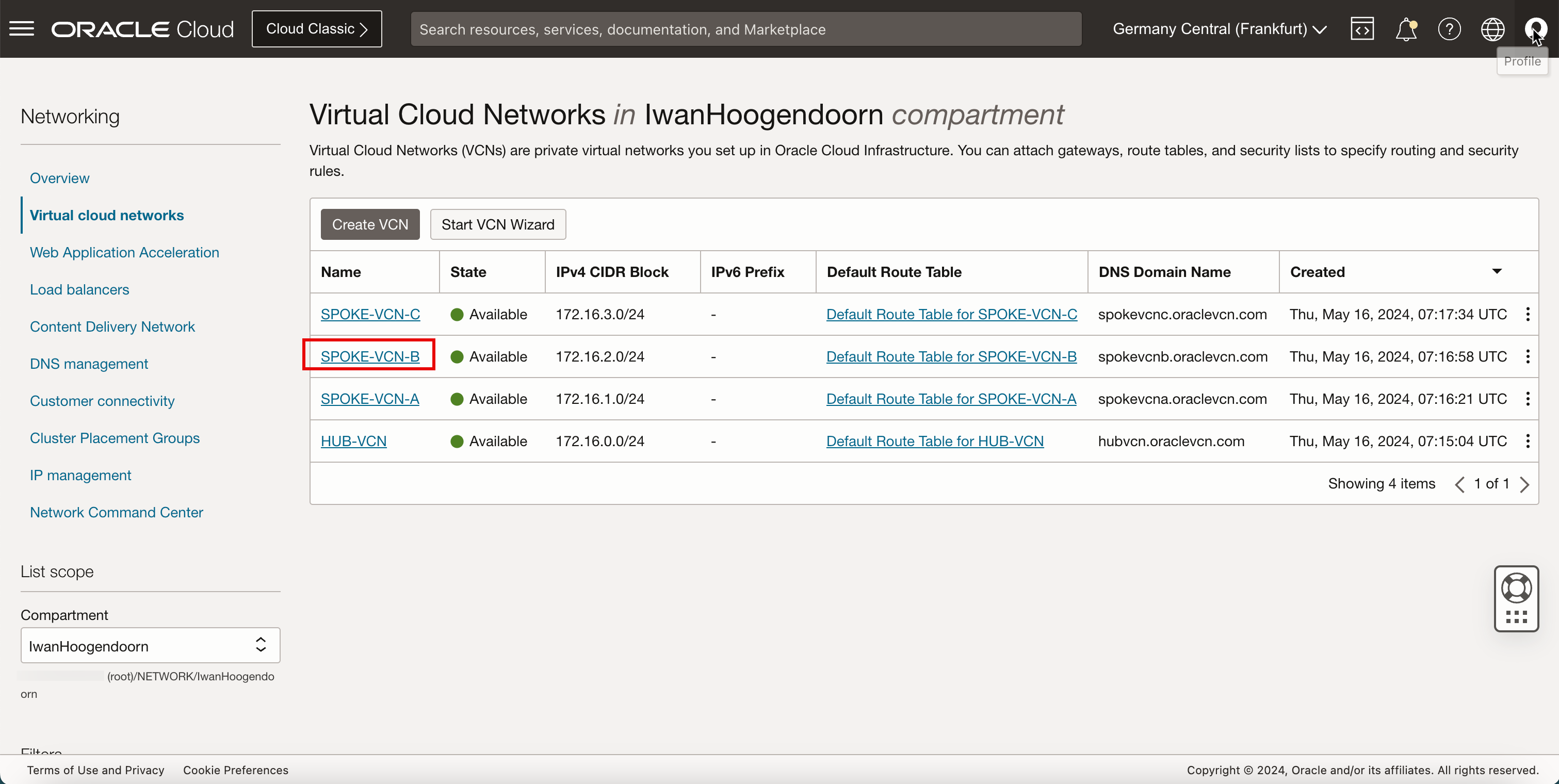

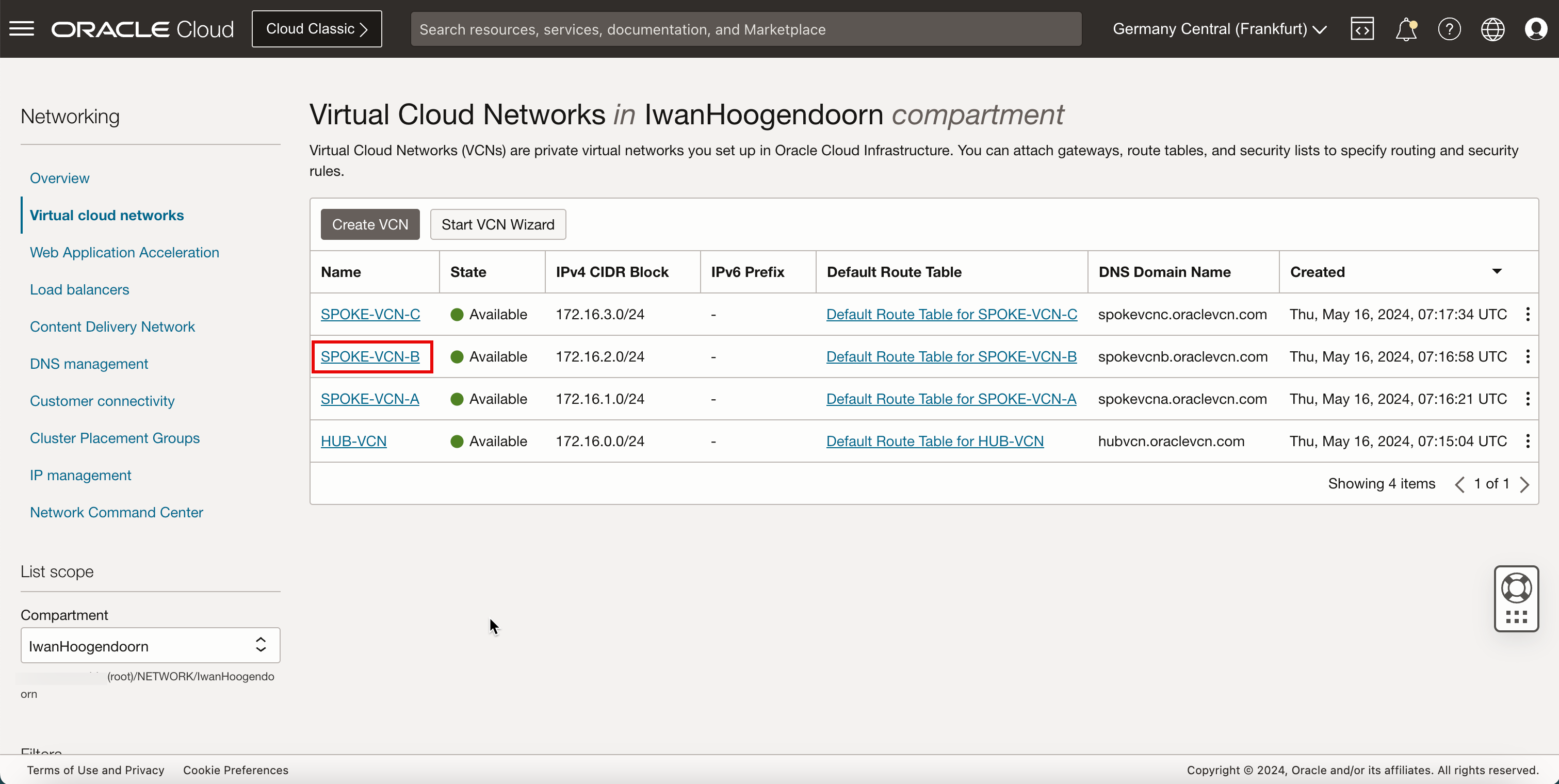

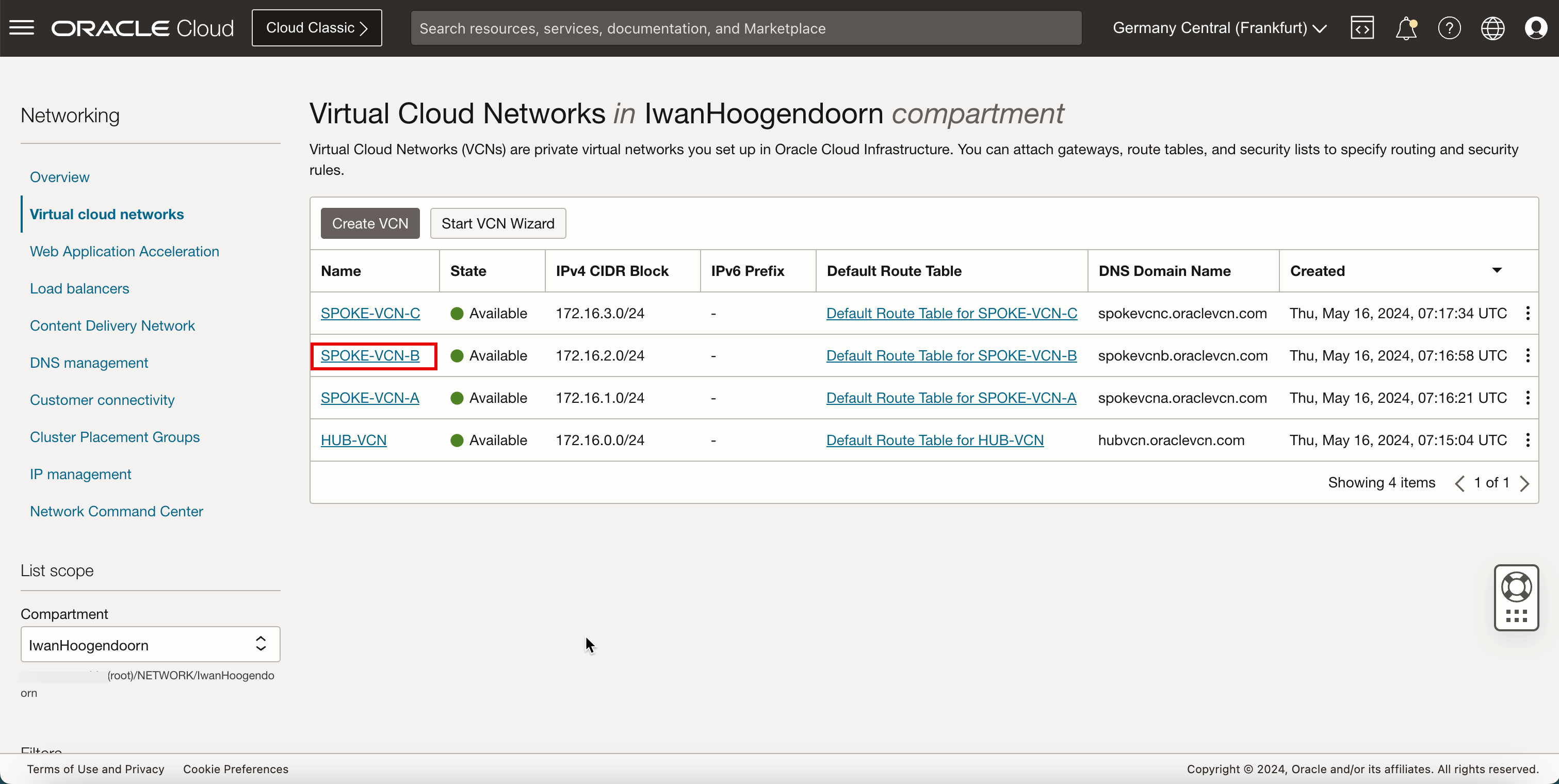

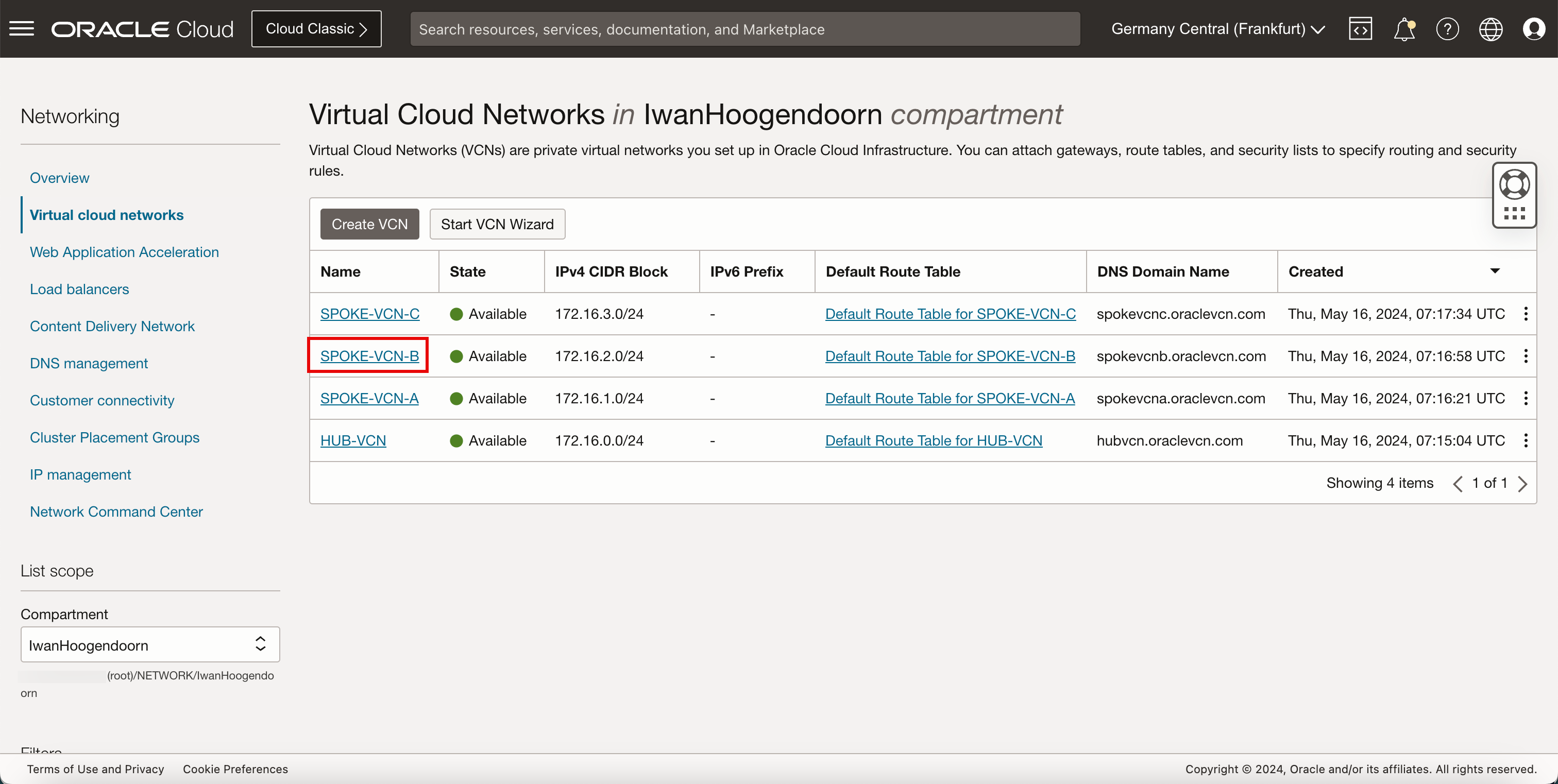

VCN 생성을 눌러 두번째 스포크 VCN(스포크 B)을 생성합니다.

- 스포크 VCN에 대한 이름을 입력합니다.

- 허브 VCN에 대한 IPv4 CIDR 블록을 입력합니다.

- VCN 생성을 누릅니다.

- 스포크 VCN이 AVAILABLE 상태입니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

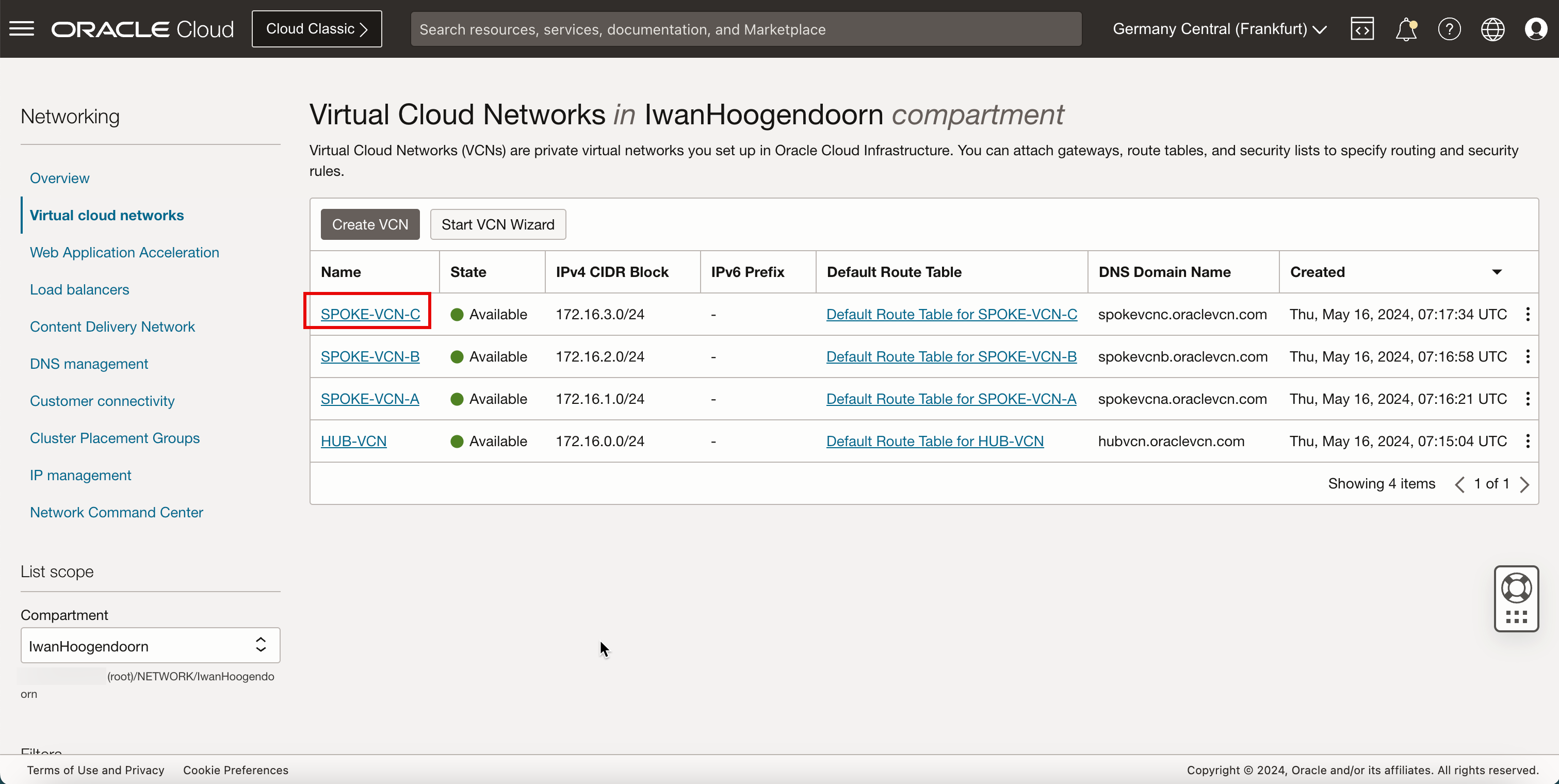

- VCN 생성을 눌러 세번째 스포크 VCN을 생성합니다.

- 스포크 VCN에 대한 이름을 입력합니다.

- 허브 VCN에 대한 IPv4 CIDR 블록을 입력합니다.

- VCN 생성을 누릅니다.

- 스포크 VCN이 AVAILABLE 상태입니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

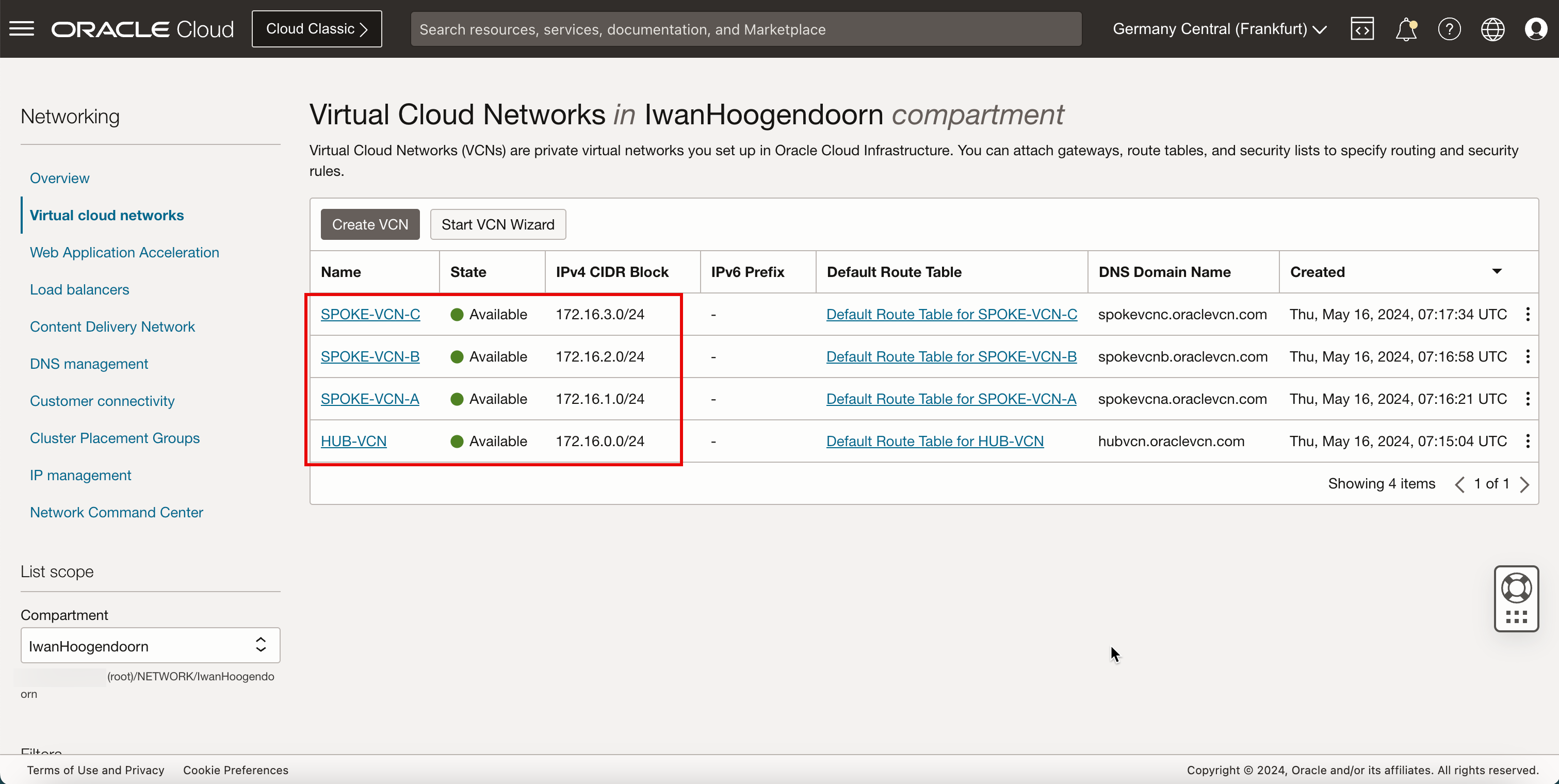

1개의 허브와 3개의 스포크 VCN을 생성했습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 2: 허브 및 스포크 VCN 내에 서브넷 생성

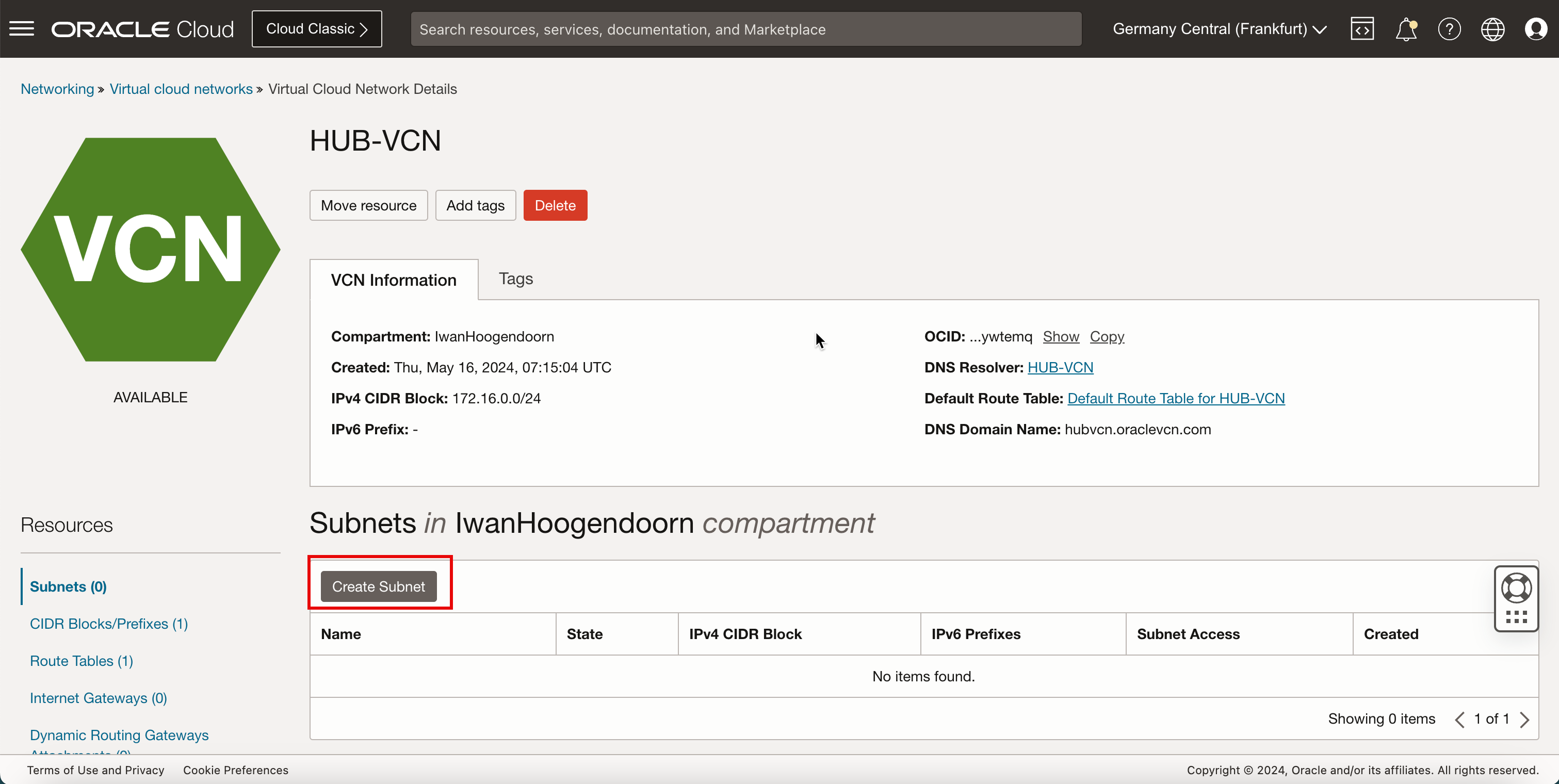

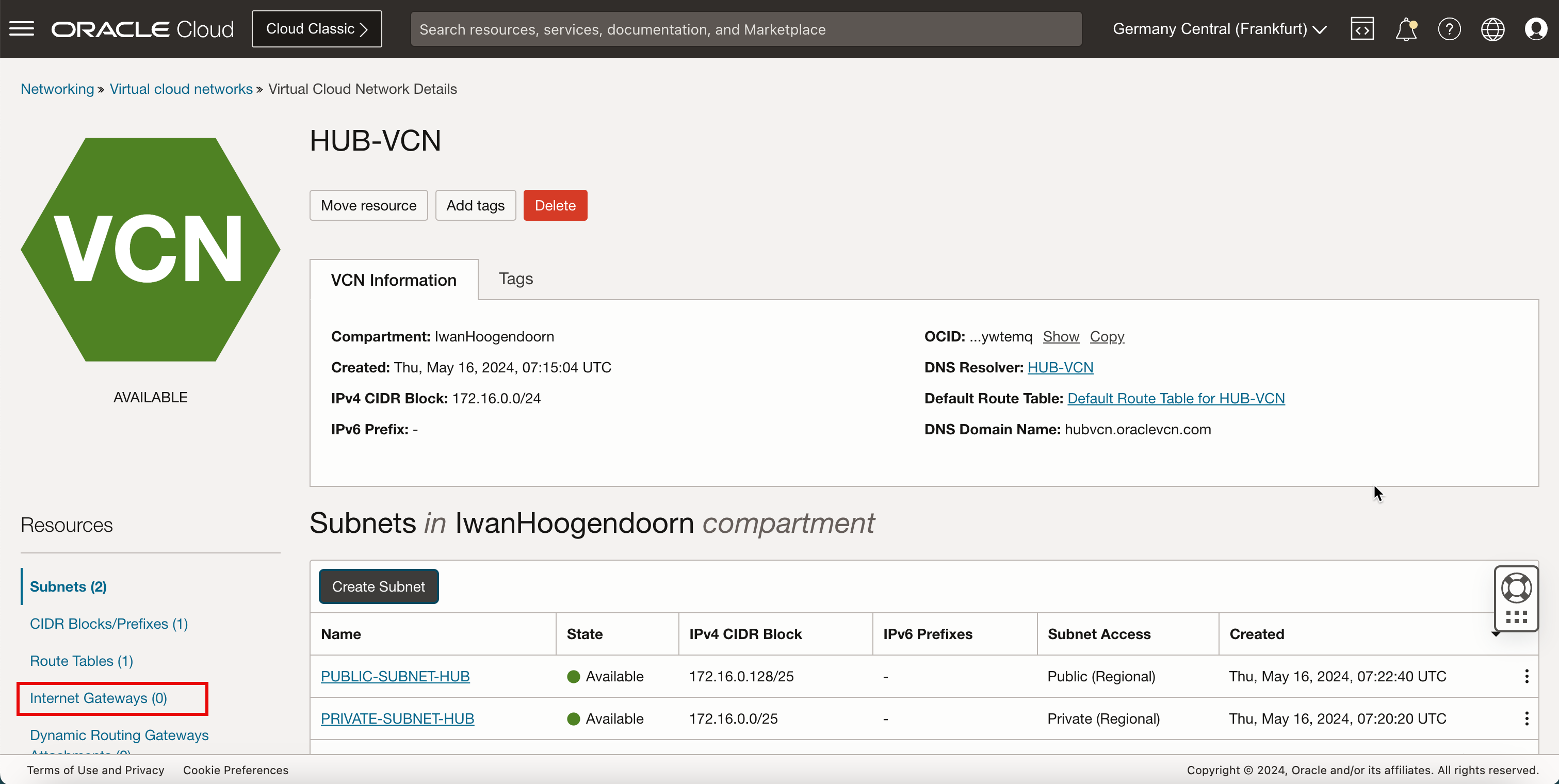

허브와 스포크 VCN이 있습니다. 이제 VCN 내에 서브넷을 생성합니다.

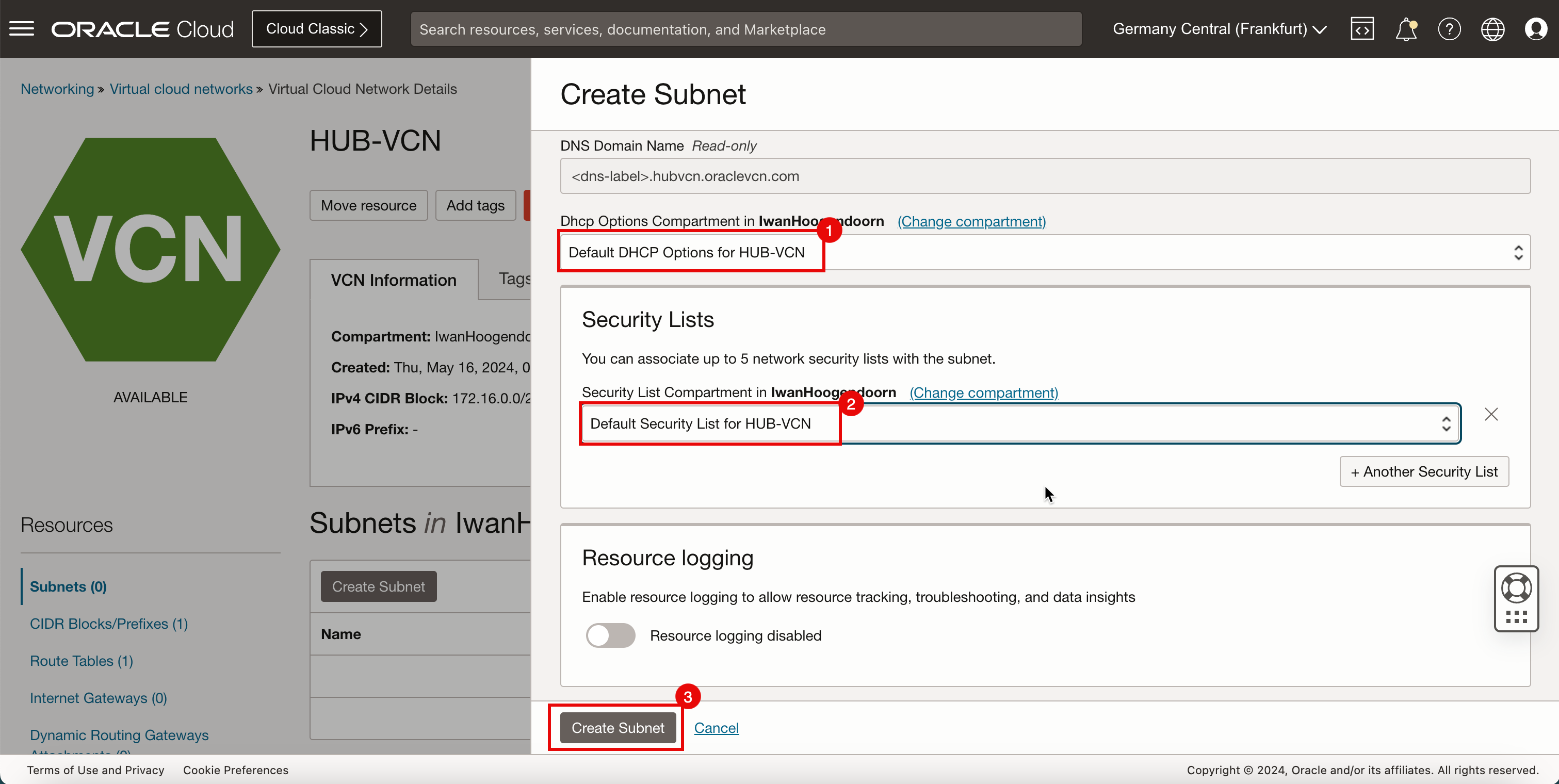

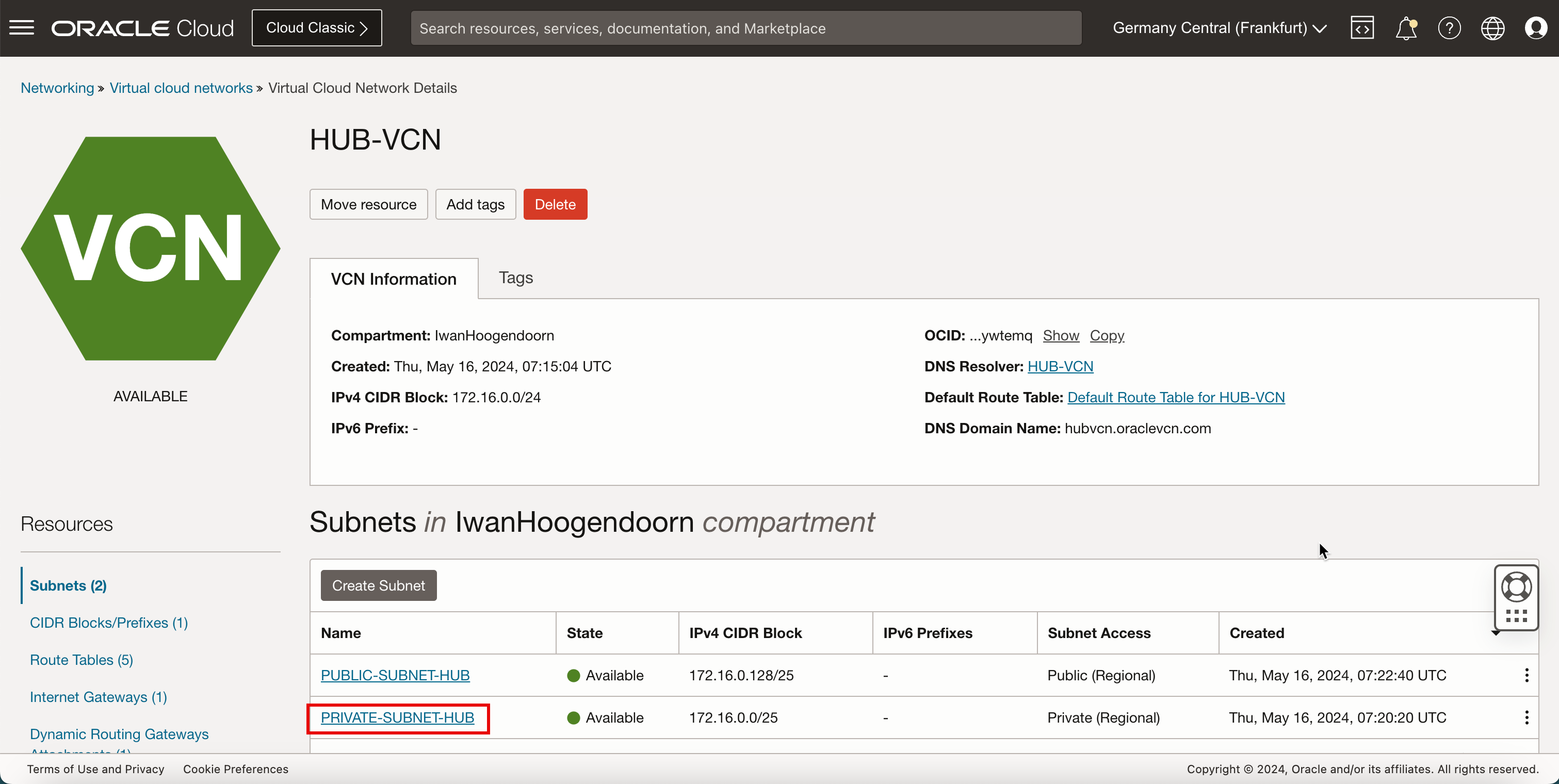

허브 VCN 내에 서브넷 생성

허브 VCN에서 전용 서브넷 1개와 공용 서브넷 1개를 생성합니다.

-

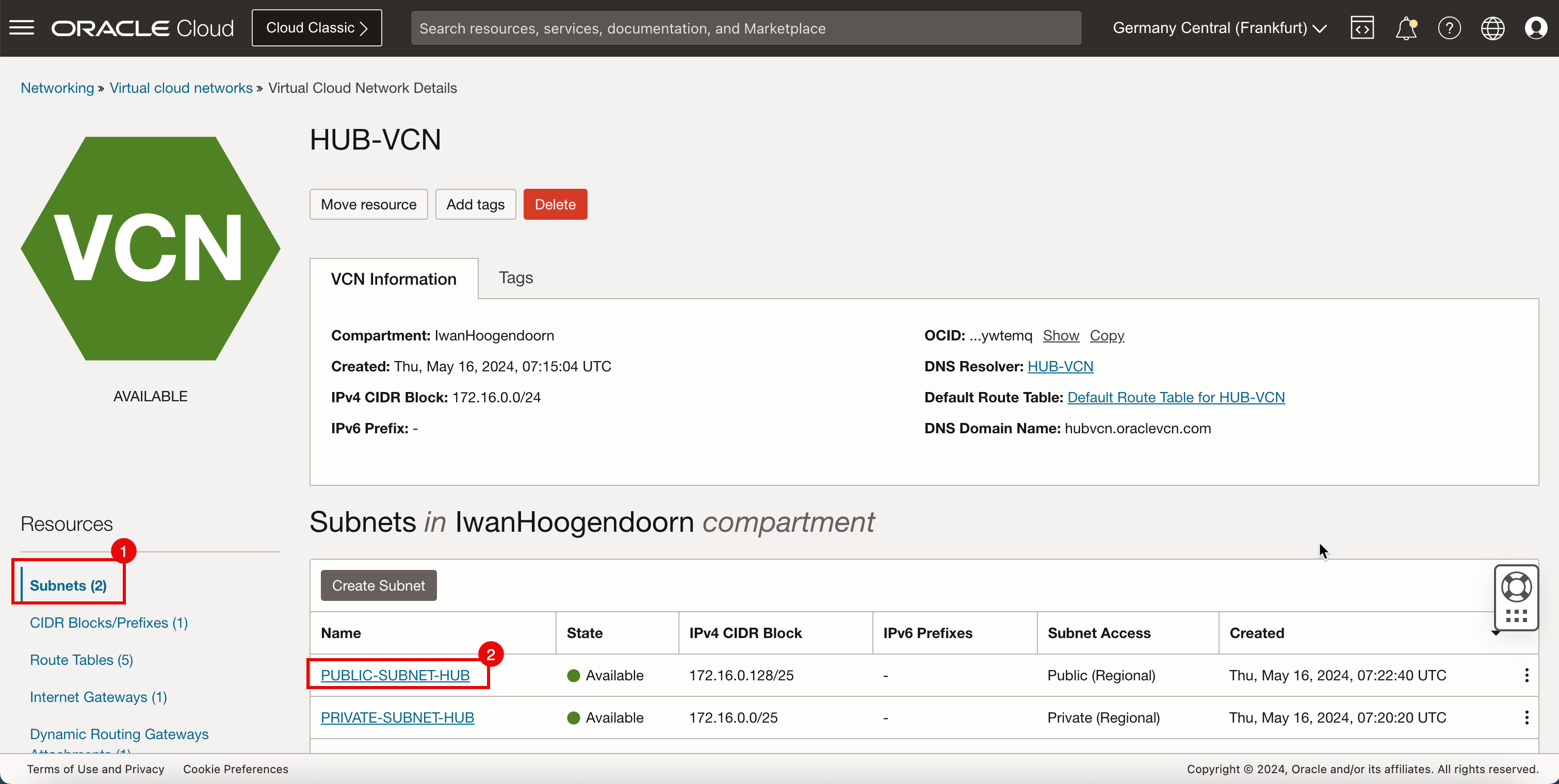

허브 VCN을 누릅니다.

-

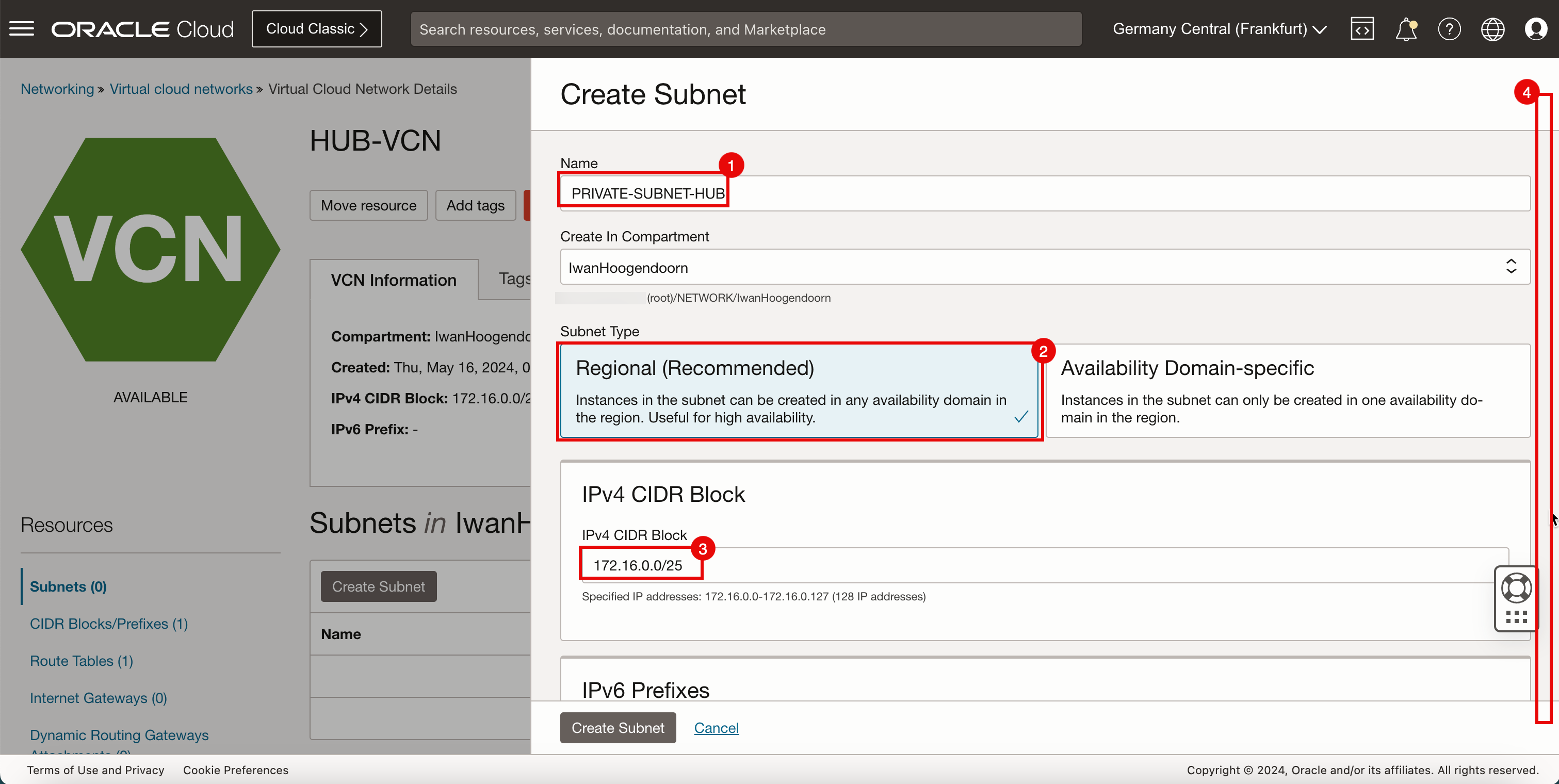

서브넷 생성을 눌러 첫번째 서브넷(전용)을 생성합니다.

- 개인 서브넷의 이름을 입력합니다.

- 서브넷 유형에서 지역을 선택합니다.

- 개인 서브넷에 대한 IPv4 CIDR Block을 입력합니다.

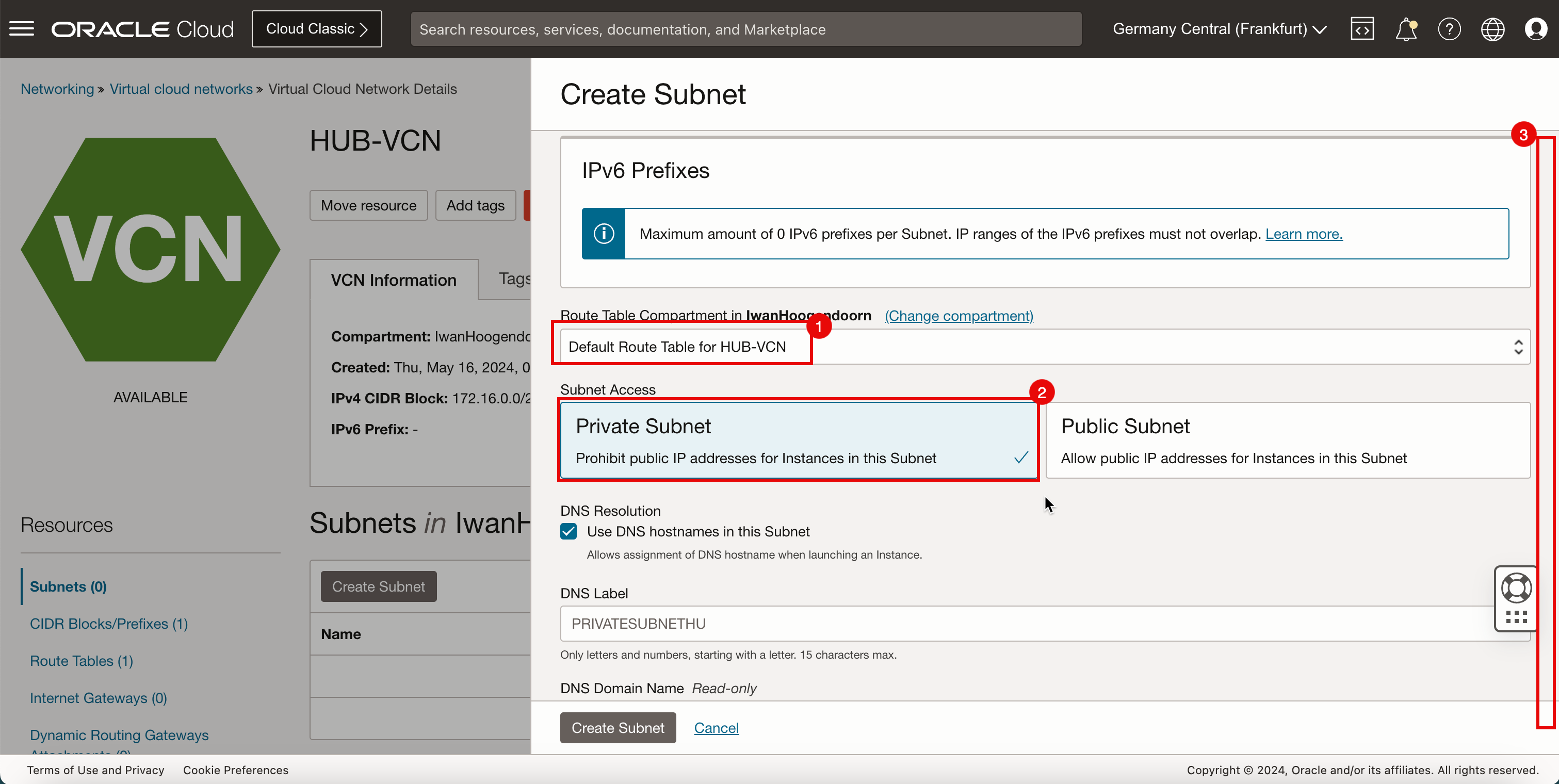

- 아래로.

- 경로 테이블에서 기본 경로 테이블을 선택합니다.

- 서브넷 액세스에서 전용 서브넷을 선택합니다.

- 아래로.

- DHCP 옵션에서 기본 DHCP 옵션을 선택합니다.

- 보안 목록에서 기본 보안 목록을 선택합니다.

- 서브넷 생성을 누릅니다.

-

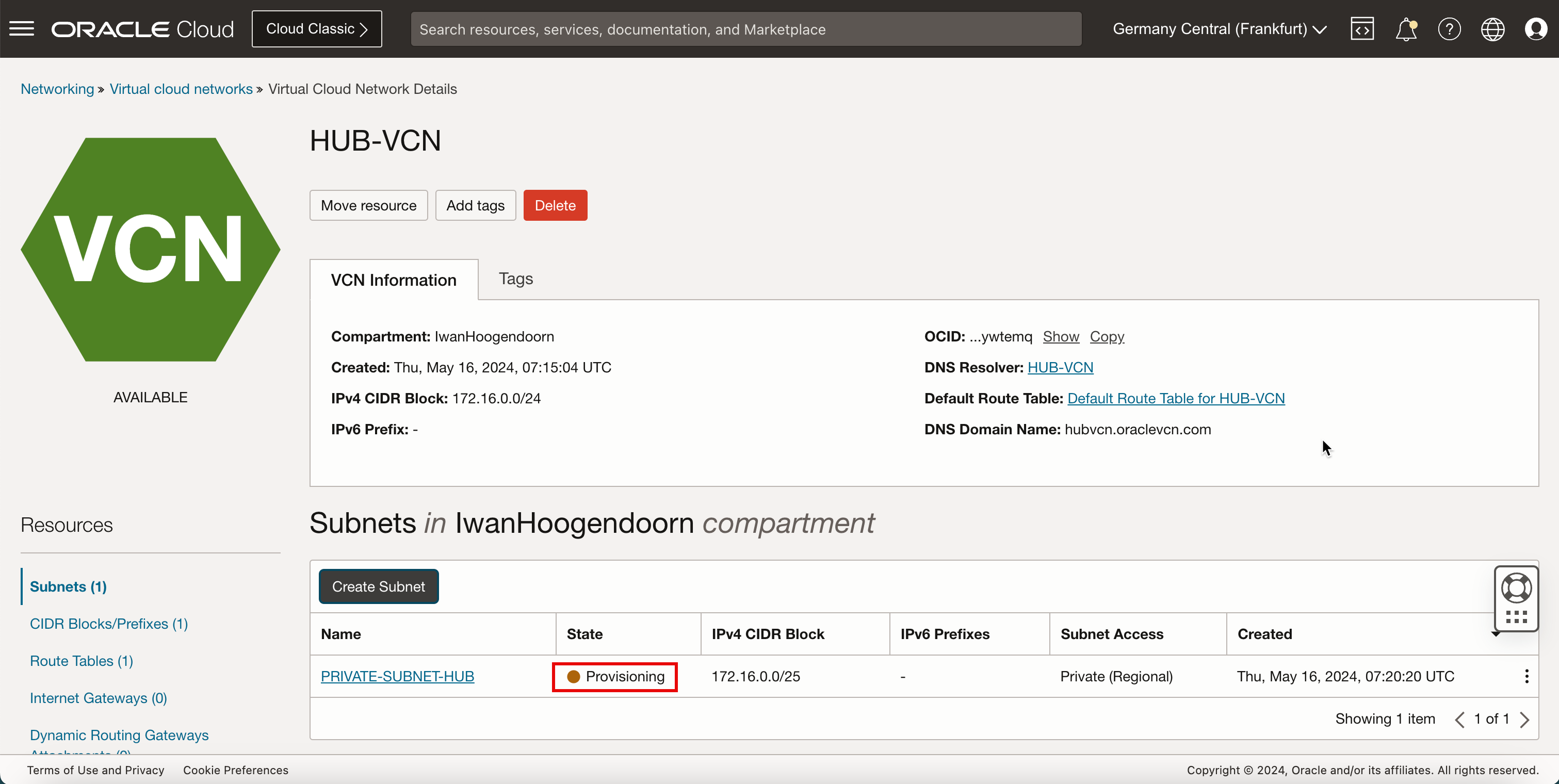

상태가 프로비전 중으로 설정되어 있습니다.

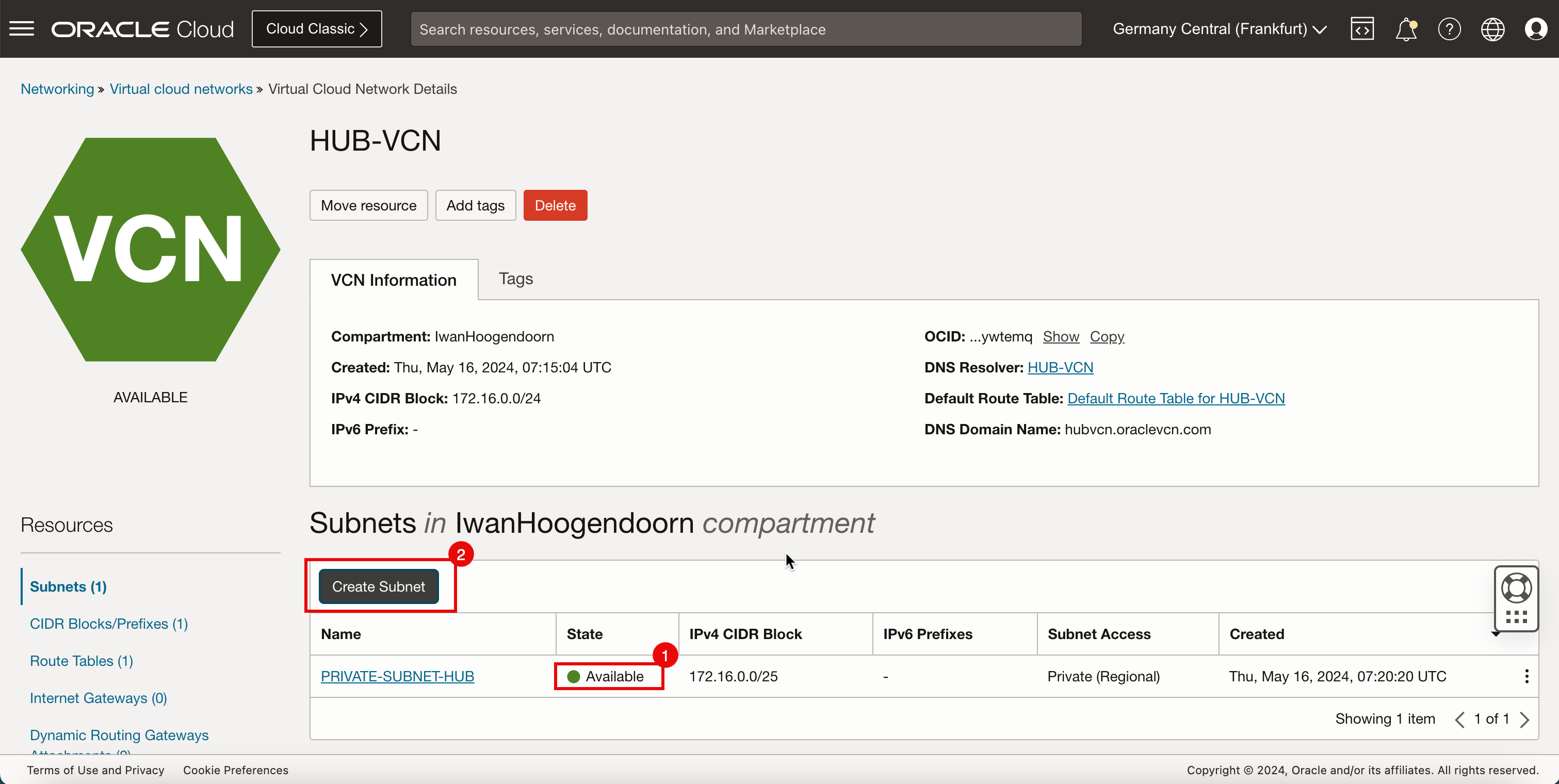

- 몇 분 후 상태가 사용 가능으로 변경됩니다.

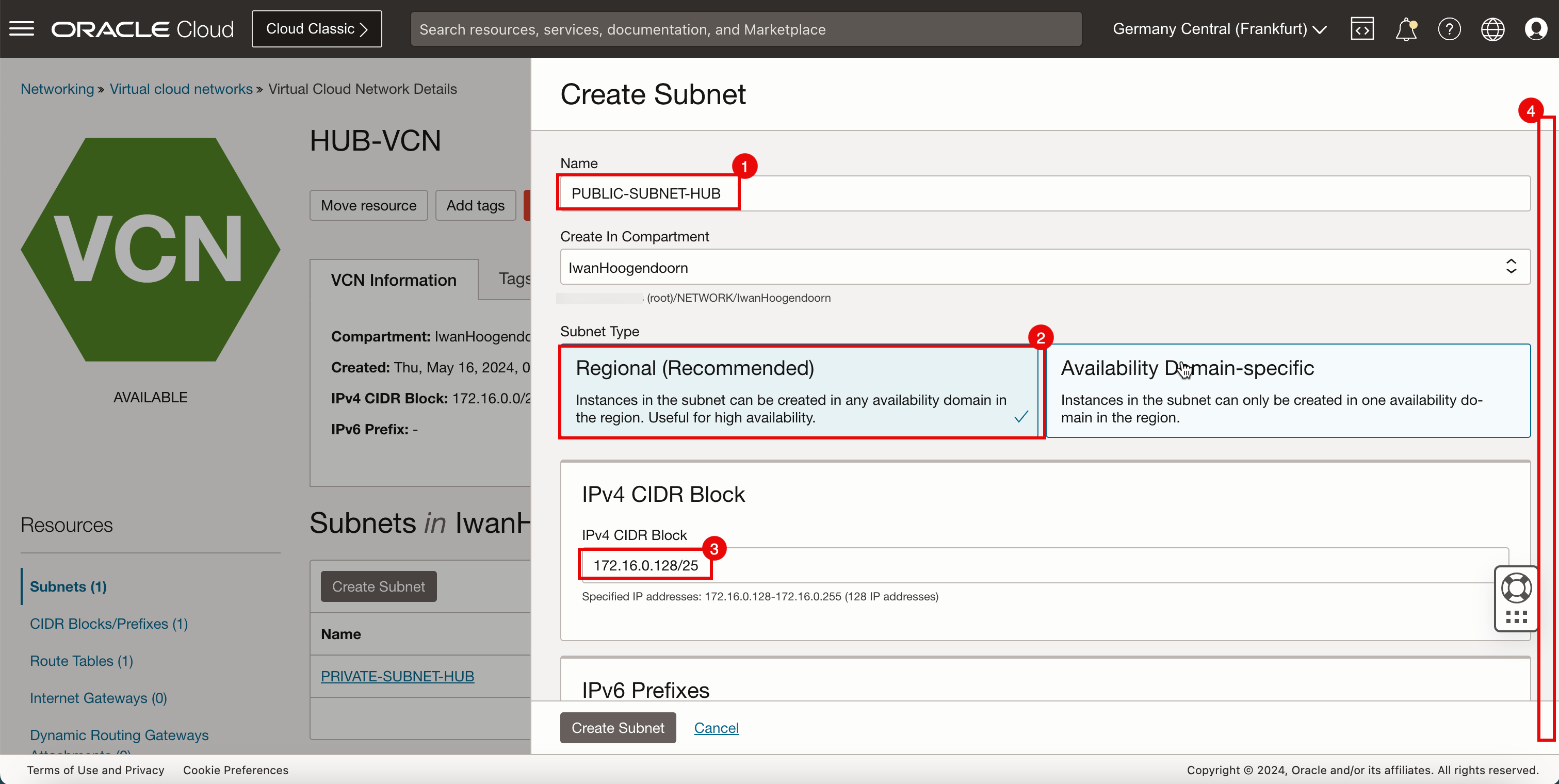

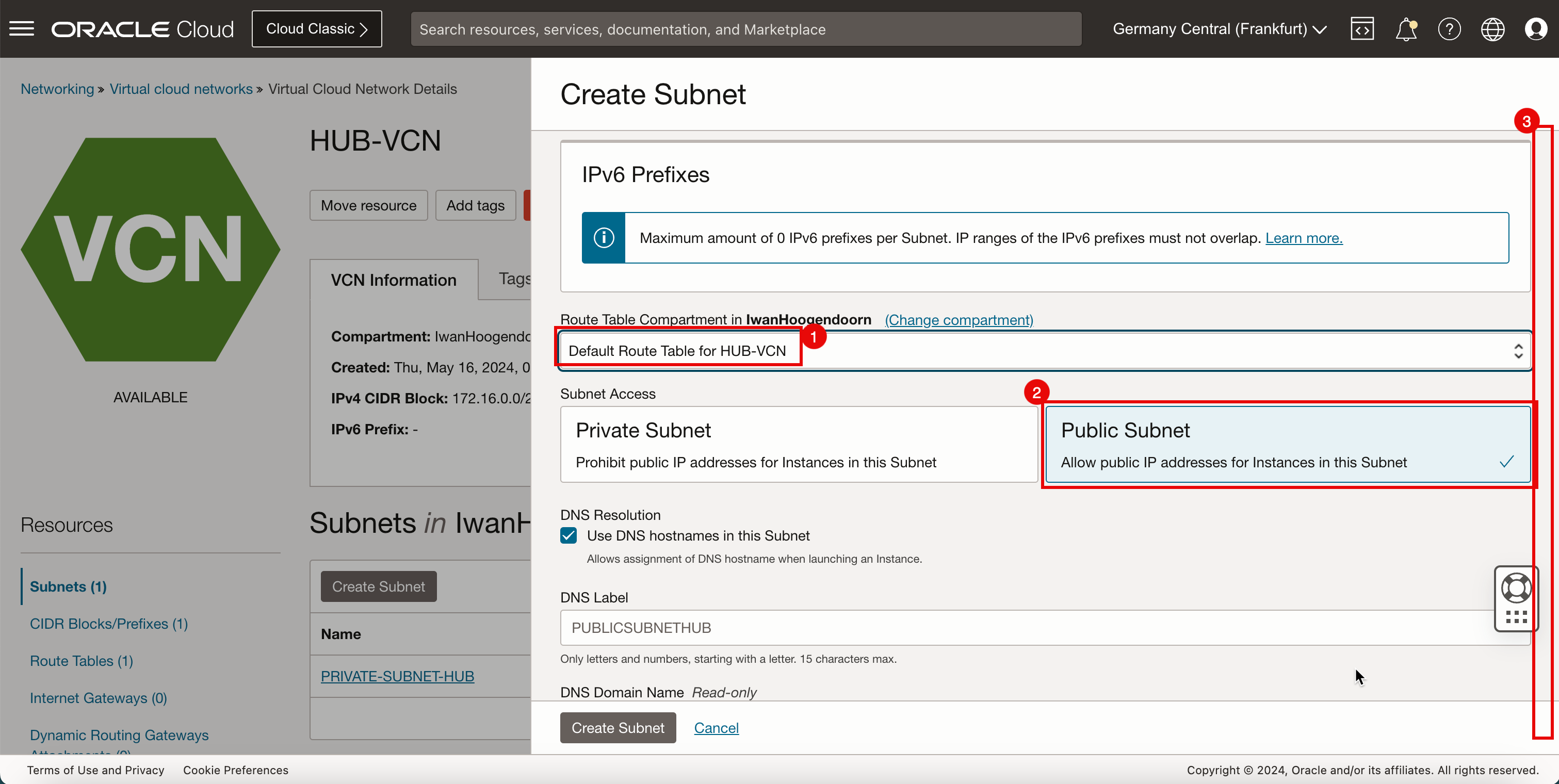

- 서브넷 생성을 눌러 두번째 서브넷(공용)을 생성합니다.

- 개인 서브넷의 이름을 입력합니다.

- 서브넷 유형에서 지역을 선택합니다.

- 공용 서브넷에 대한 IPv4 CIDR 블록을 입력합니다.

- 아래로.

- 경로 테이블에서 기본 경로 테이블을 선택합니다.

- 서브넷 액세스에서 공용 서브넷을 선택합니다.

- 아래로.

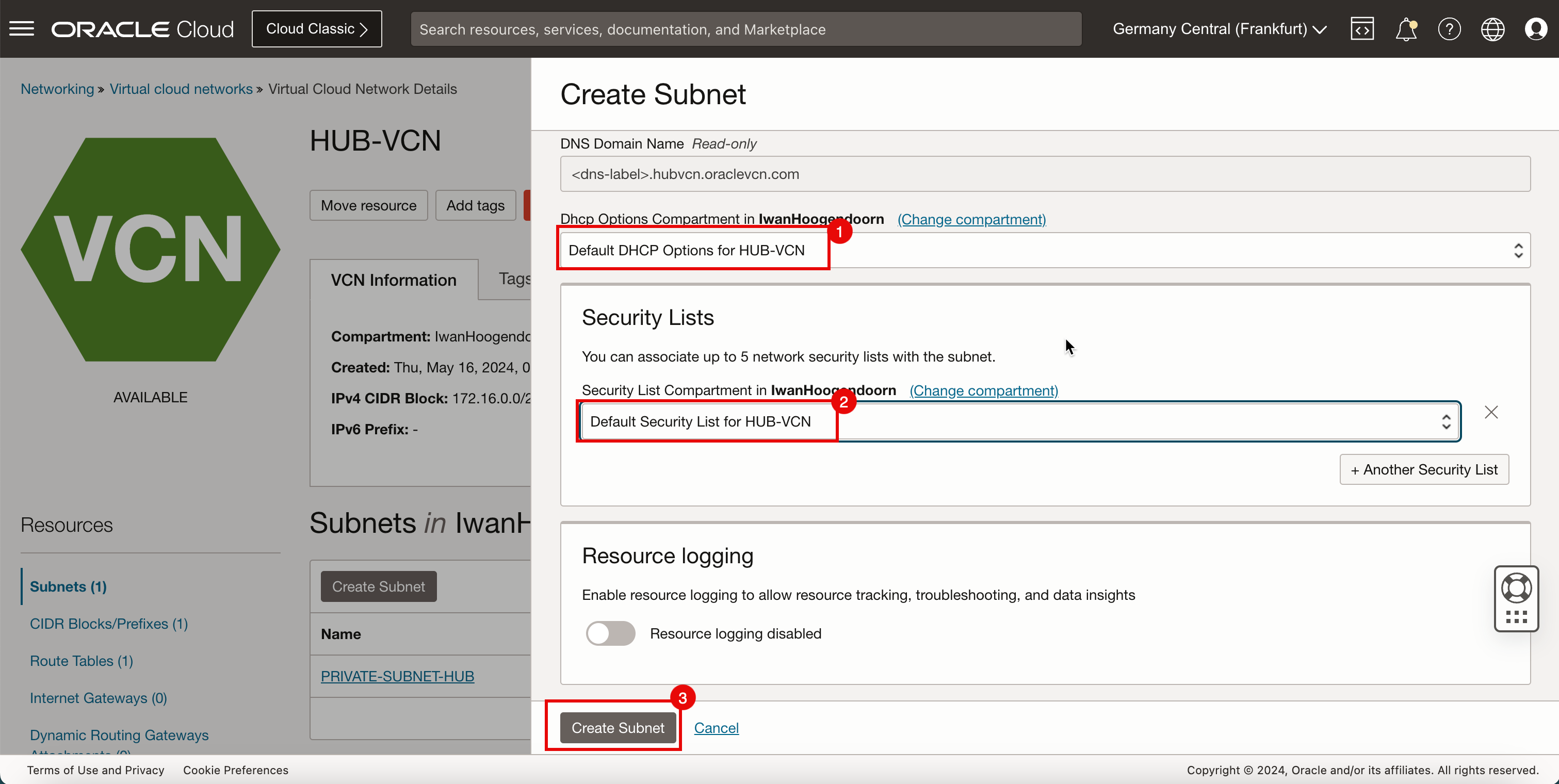

- DHCP 옵션에서 기본 DHCP 옵션을 선택합니다.

- 보안 목록에서 기본 보안 목록을 선택합니다.

- 서브넷 생성을 누릅니다.

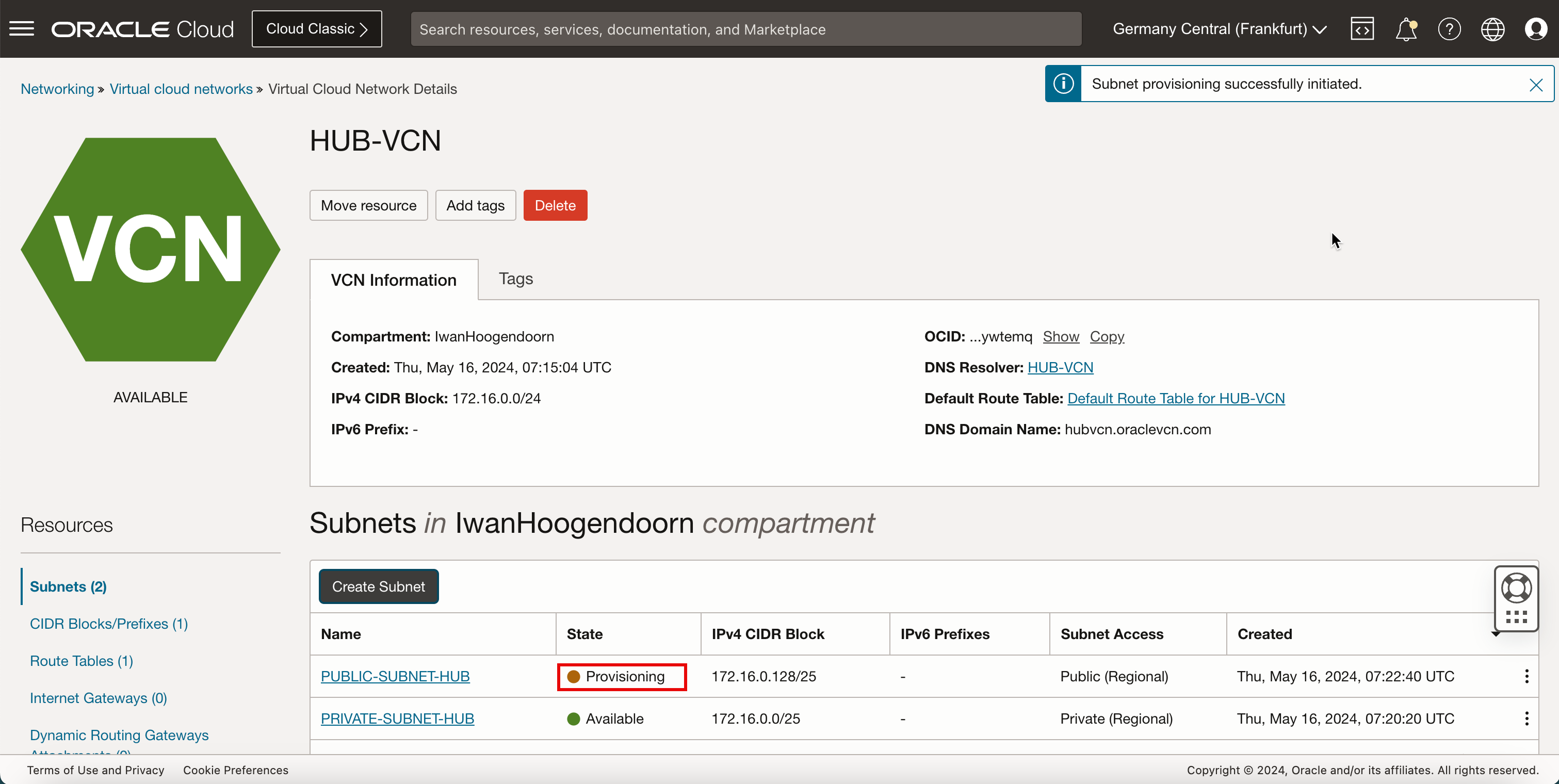

-

상태가 프로비전 중으로 설정되어 있습니다.

-

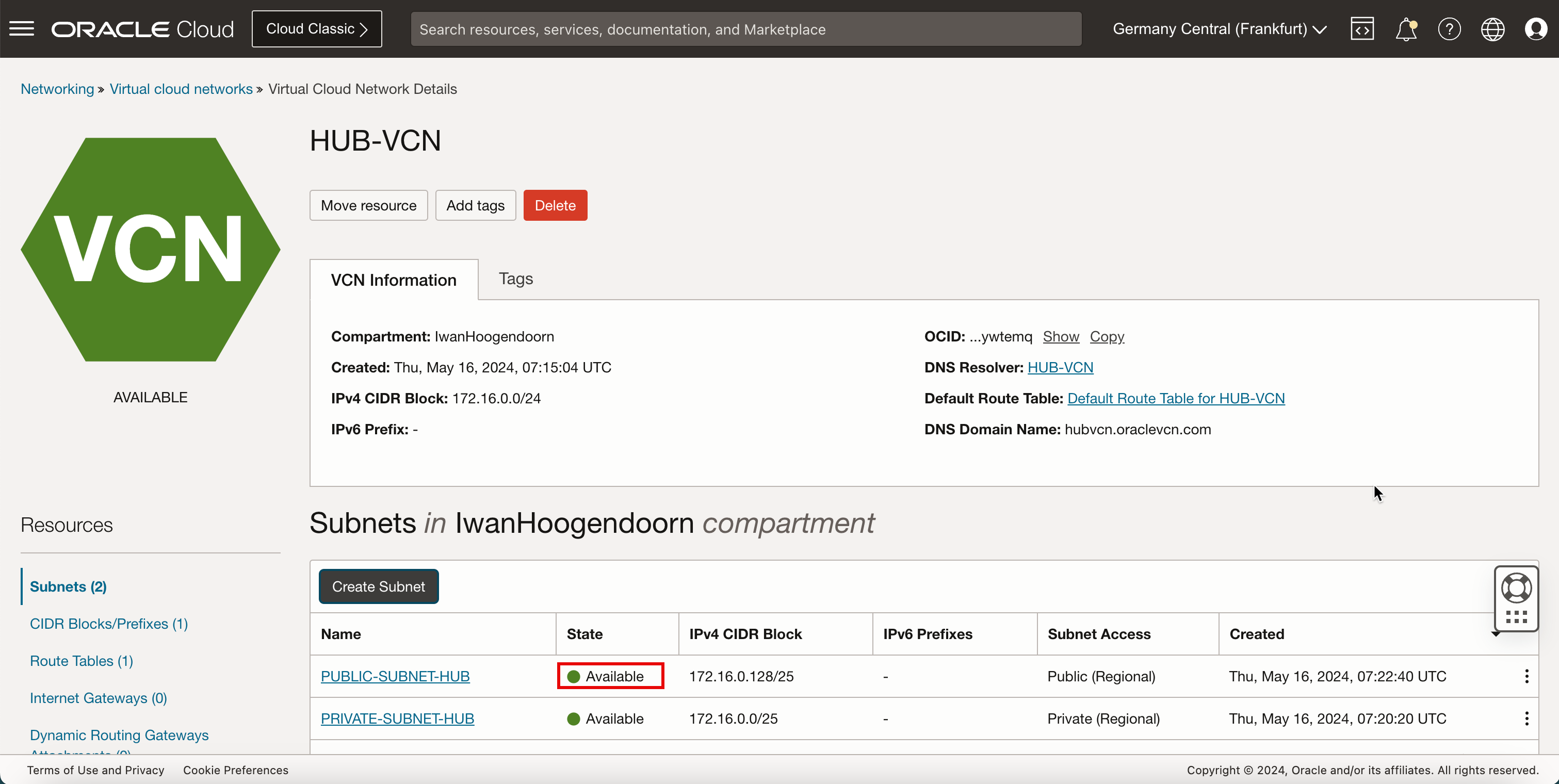

몇 분 후 상태가 사용 가능으로 변경됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

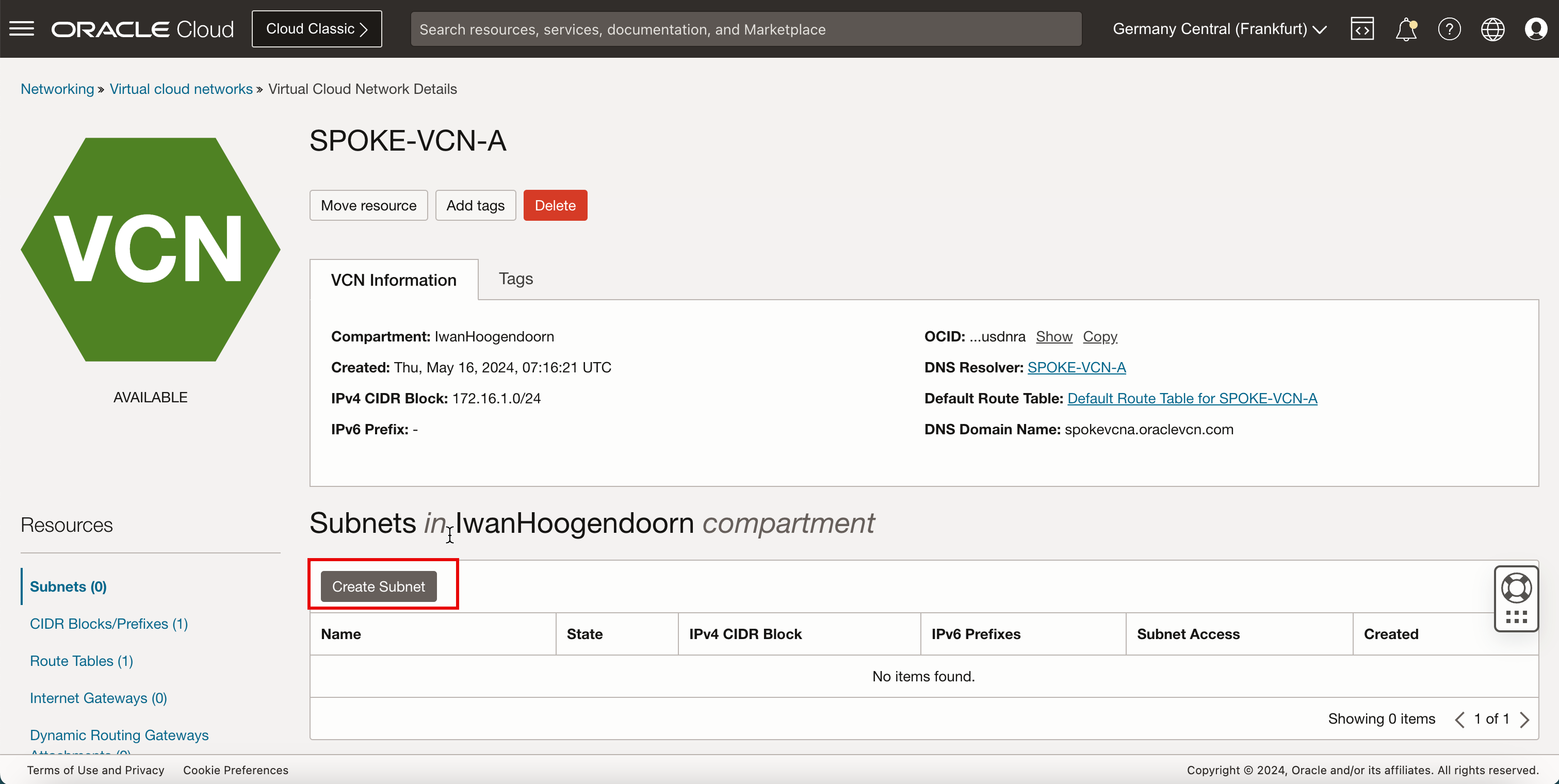

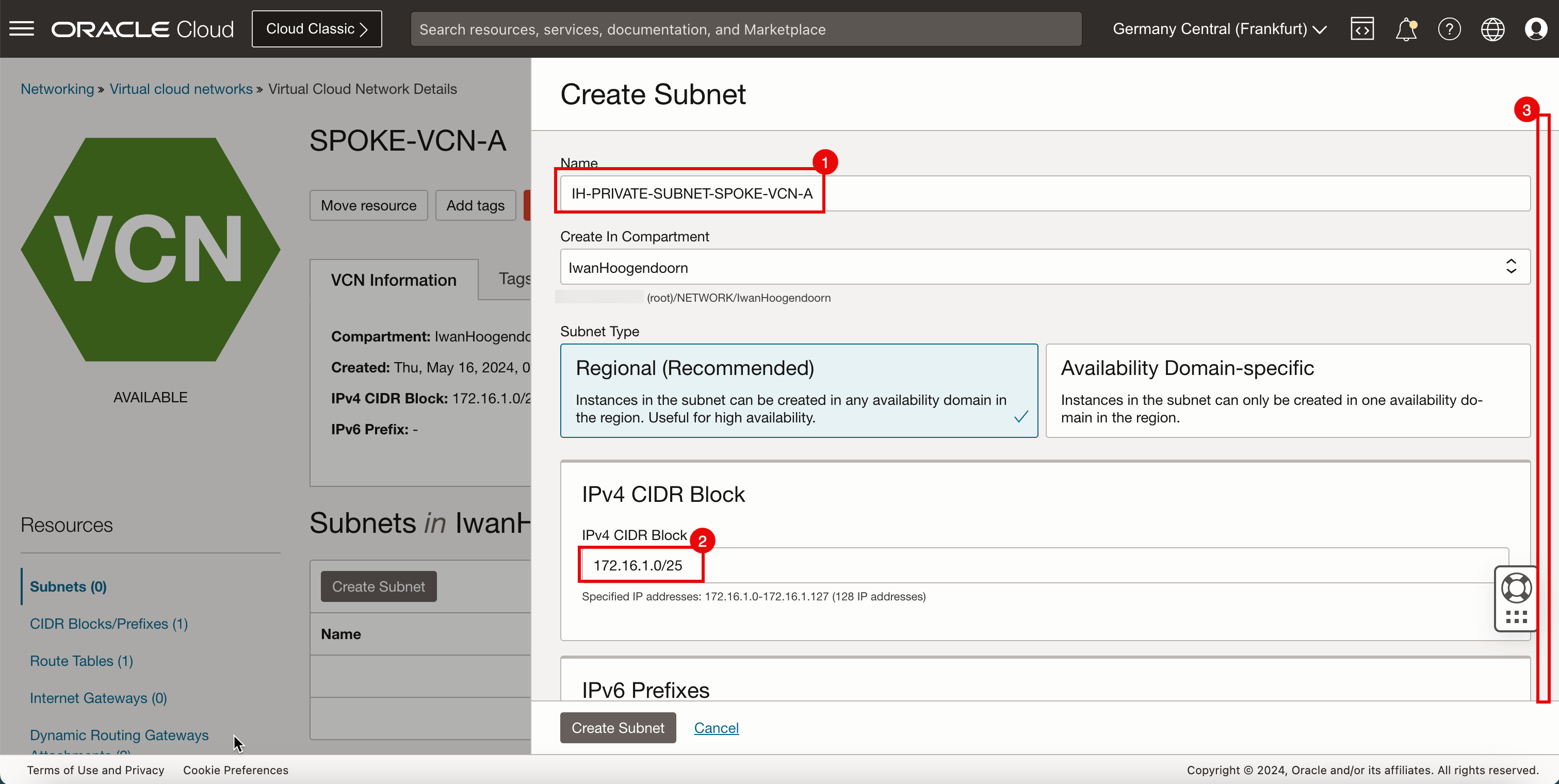

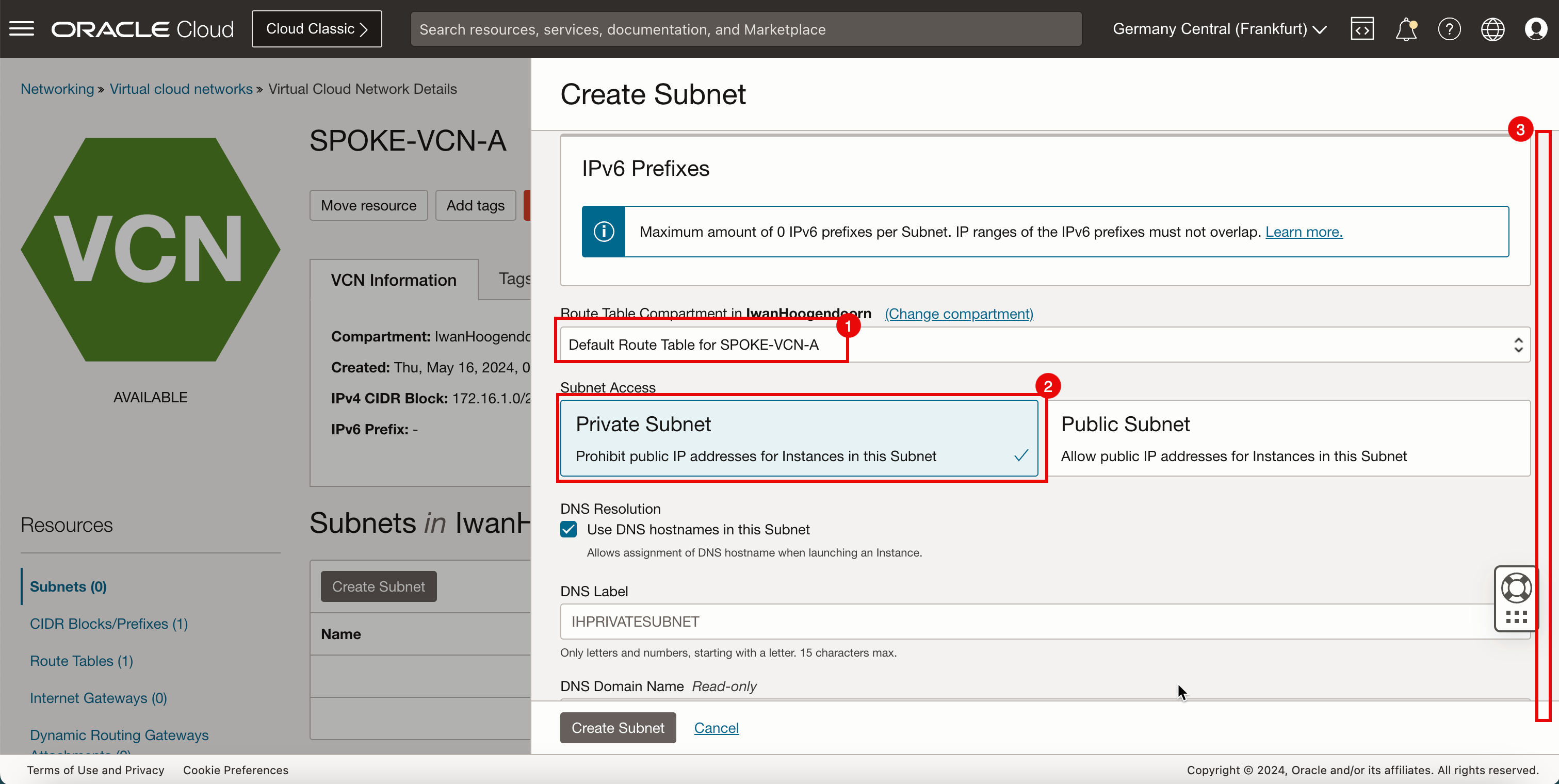

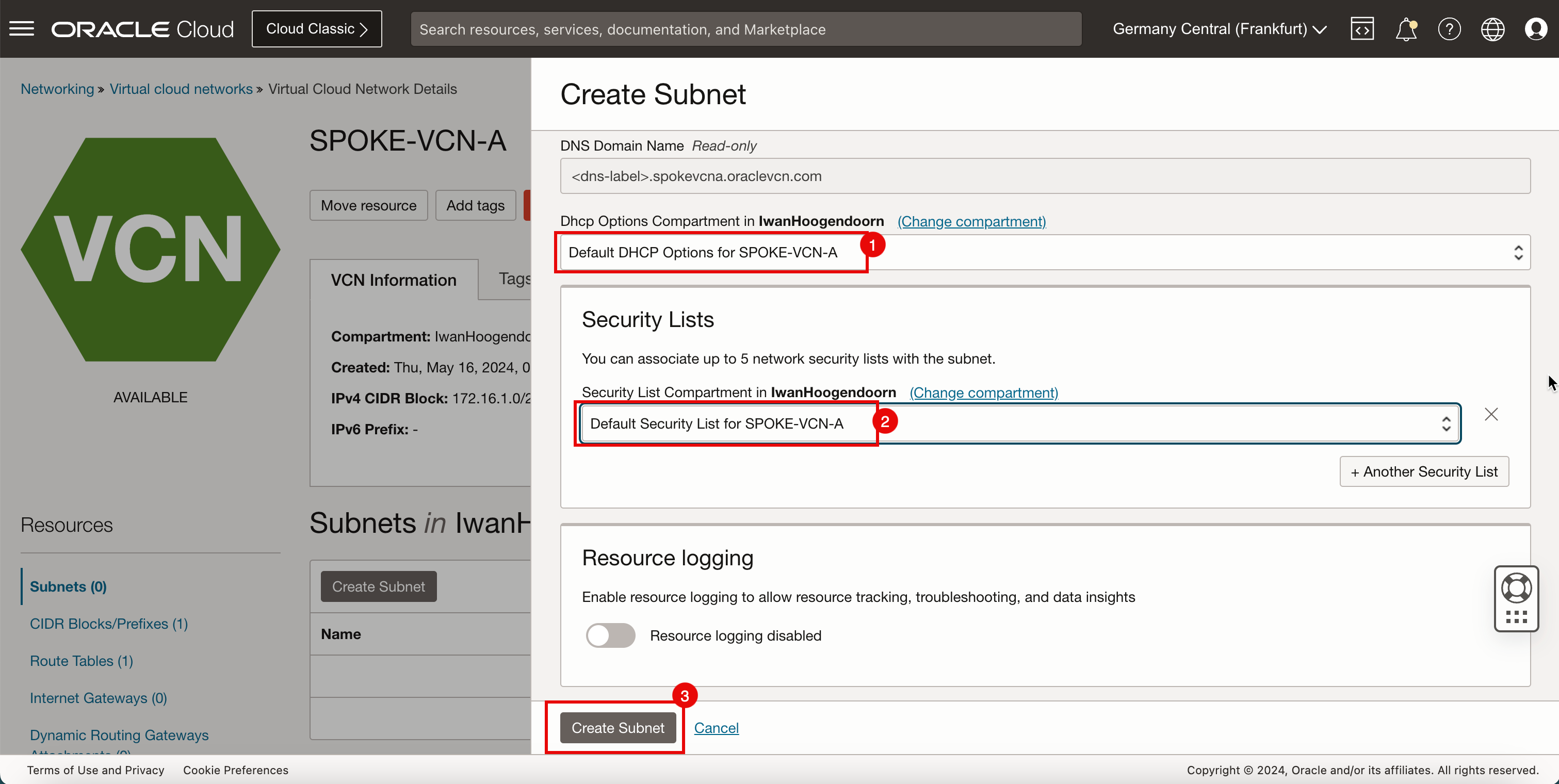

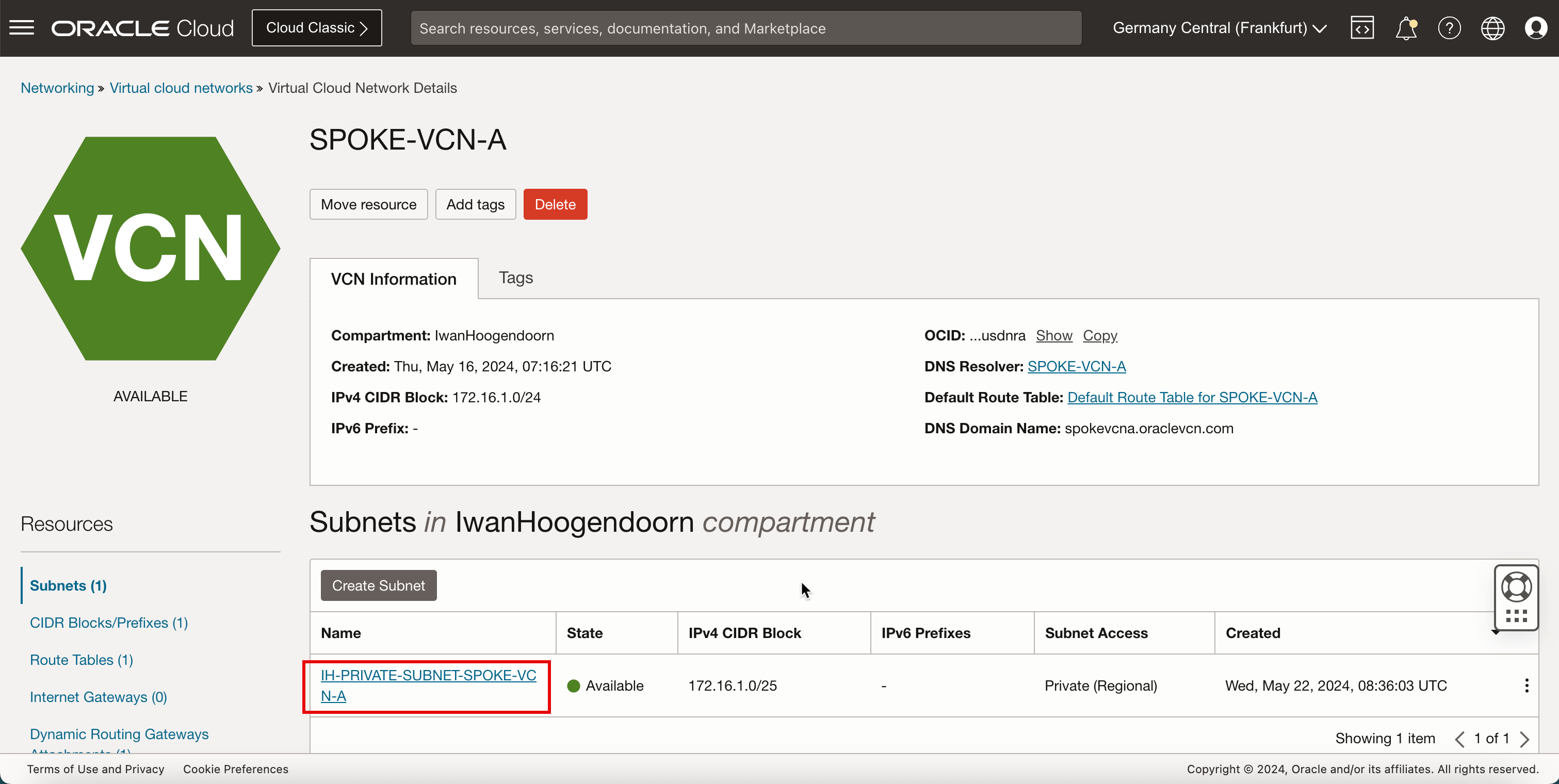

스포크 VCN A에서 서브넷 생성

스포크 VCN A 내에 전용 서브넷을 하나 생성합니다.

-

Spoke VCN A를 누릅니다.

-

서브넷 생성을 눌러 서브넷을 생성합니다(전용).

- 개인 서브넷의 이름을 입력합니다.

- 개인 서브넷에 대한 IPv4 CIDR Block을 입력합니다.

- 아래로.

- 경로 테이블에서 기본 경로 테이블을 선택합니다.

- 서브넷 액세스에서 전용 서브넷을 선택합니다.

- 아래로.

- DHCP 옵션에서 기본 DHCP 옵션을 선택합니다.

- 보안 목록에서 기본 보안 목록을 선택합니다.

- 서브넷 생성을 누릅니다.

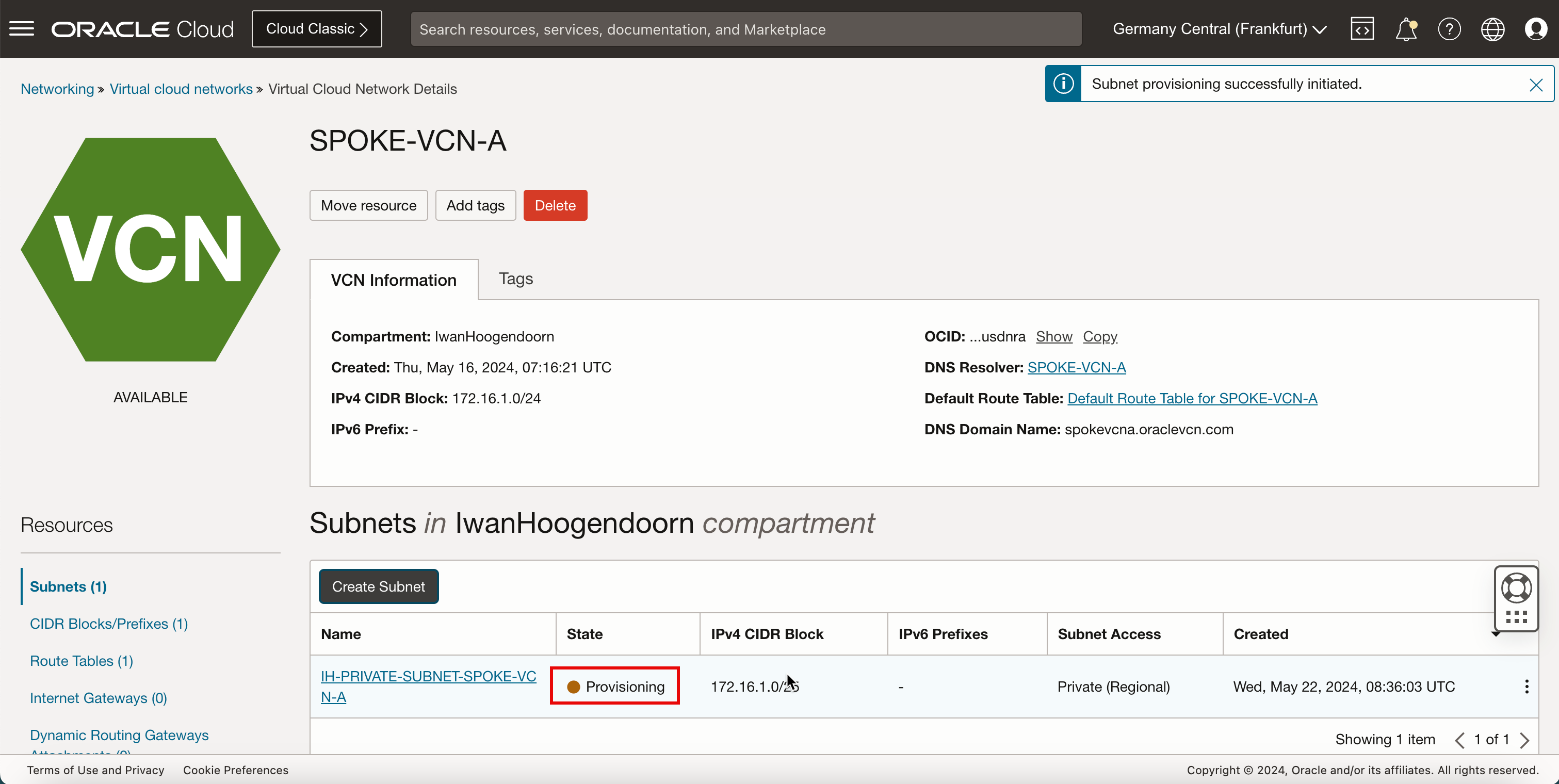

-

상태가 프로비전 중으로 설정되어 있습니다.

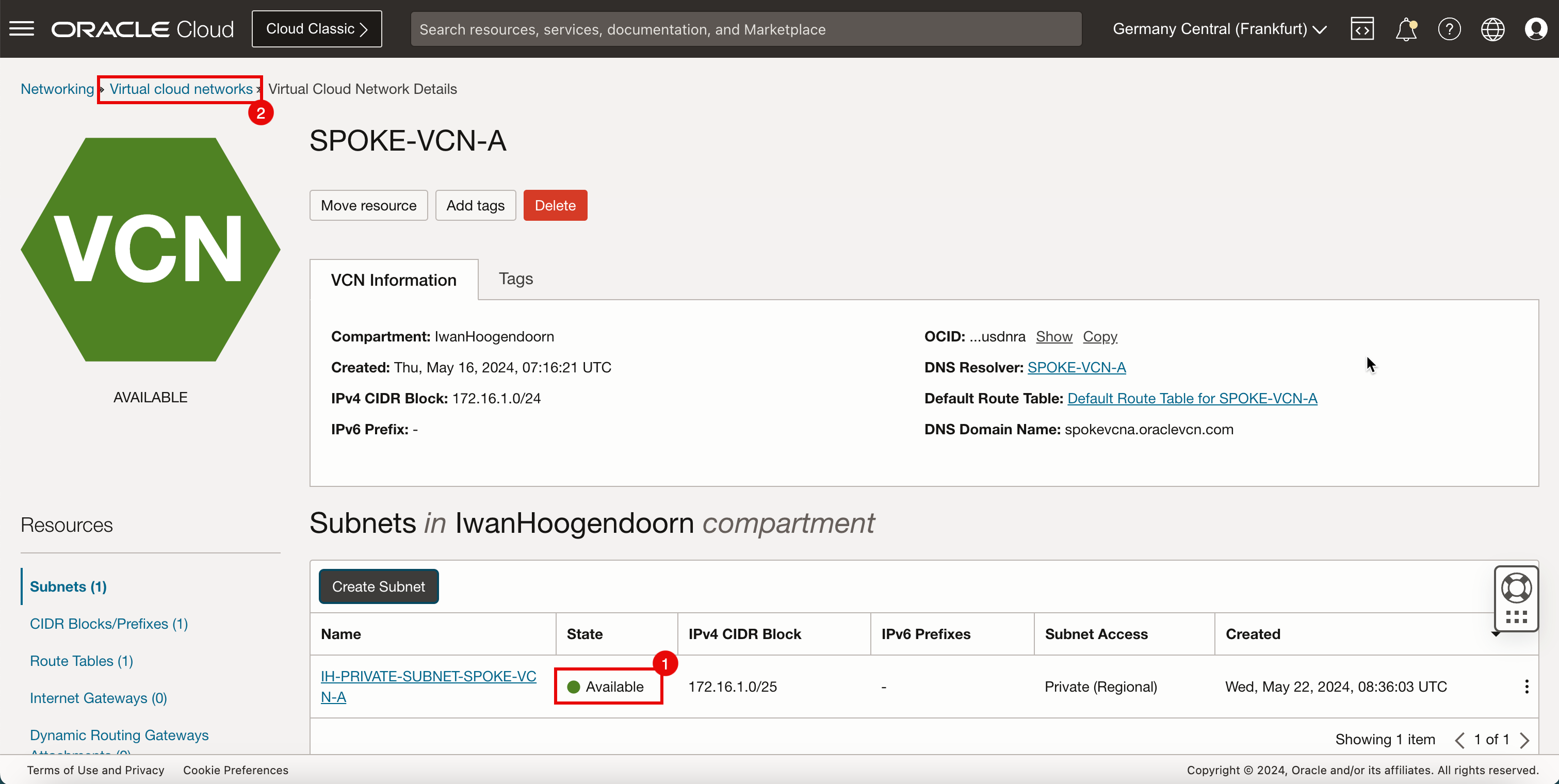

- 상태가 Available로 변경됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

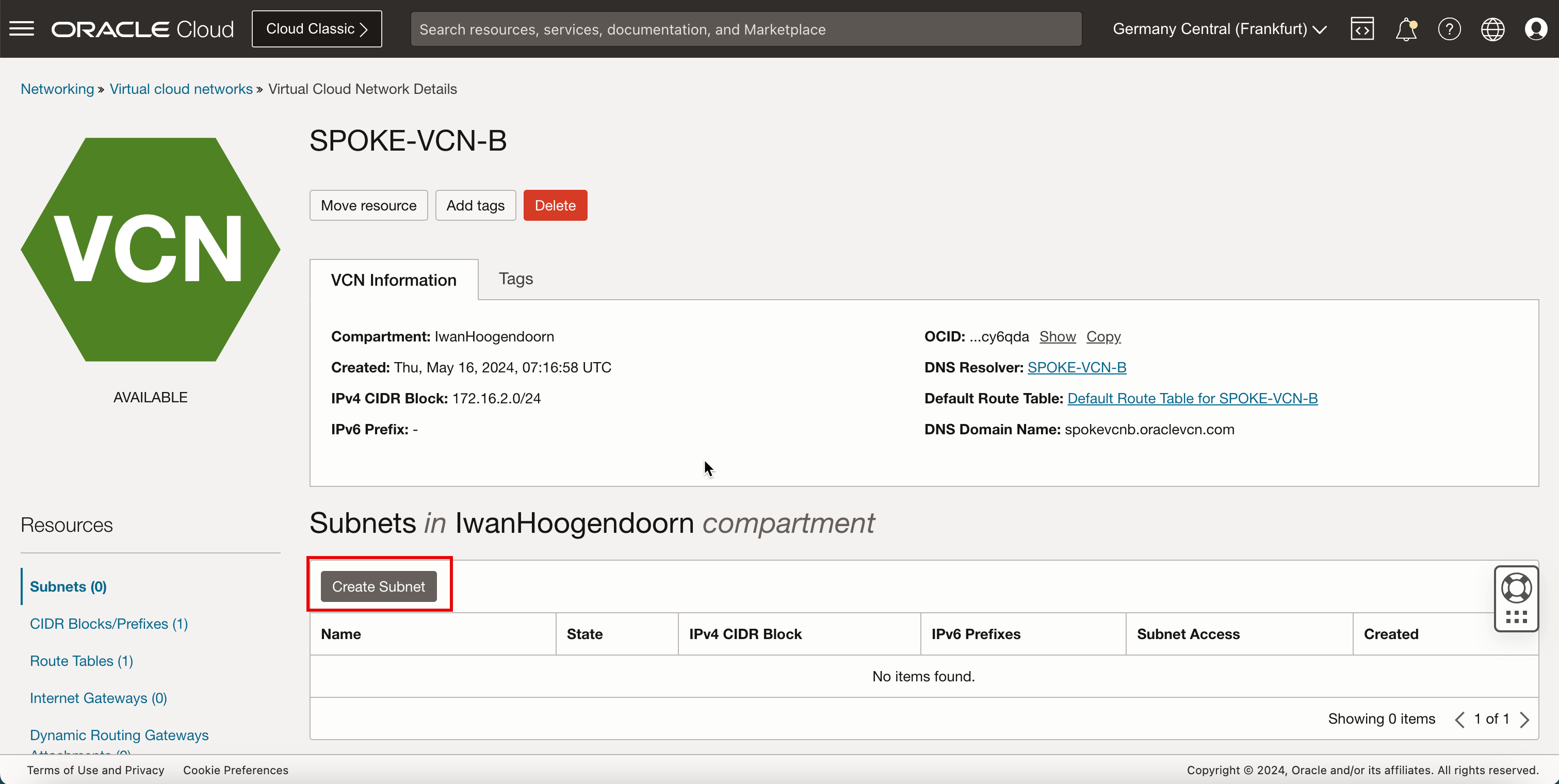

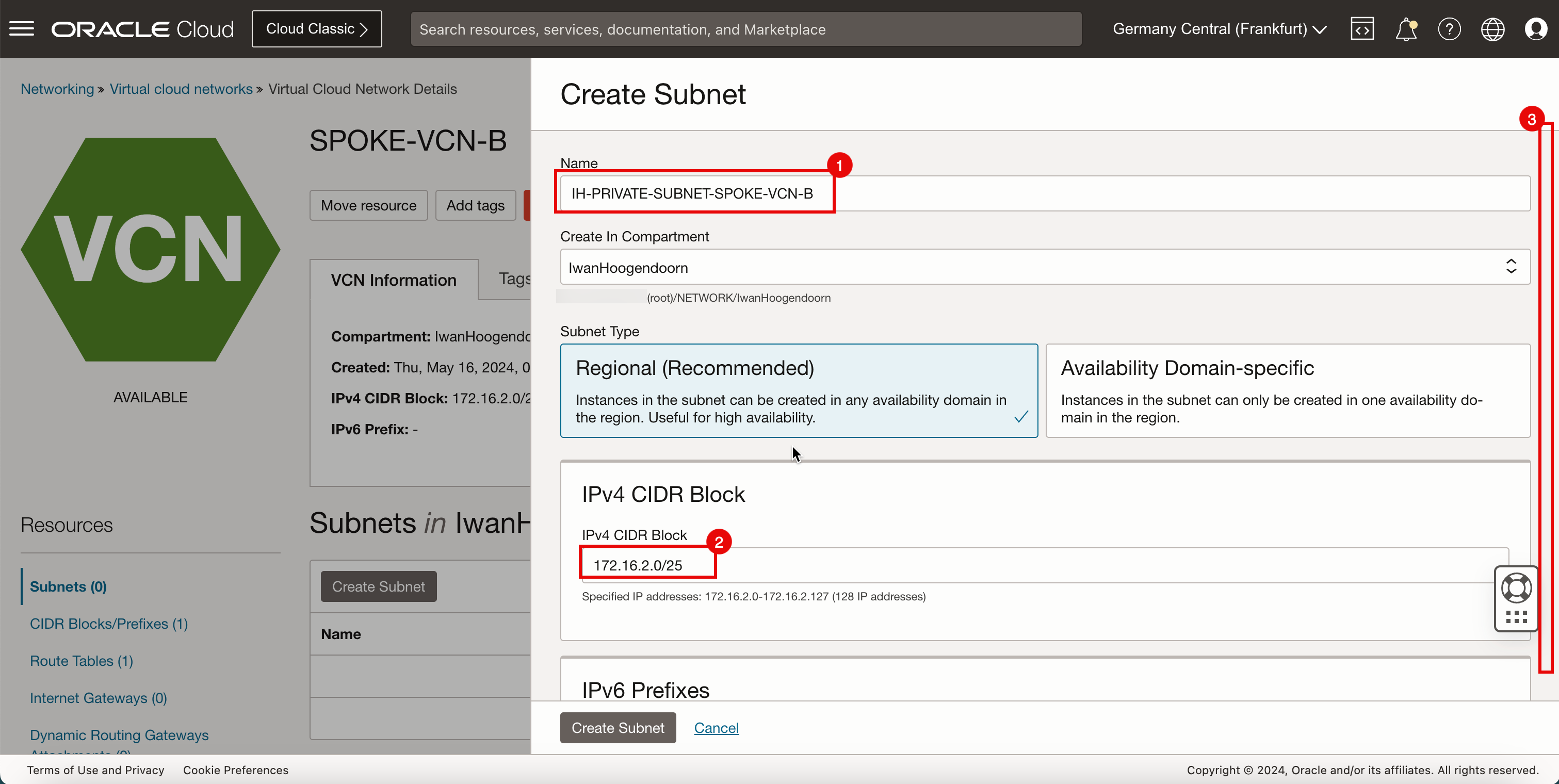

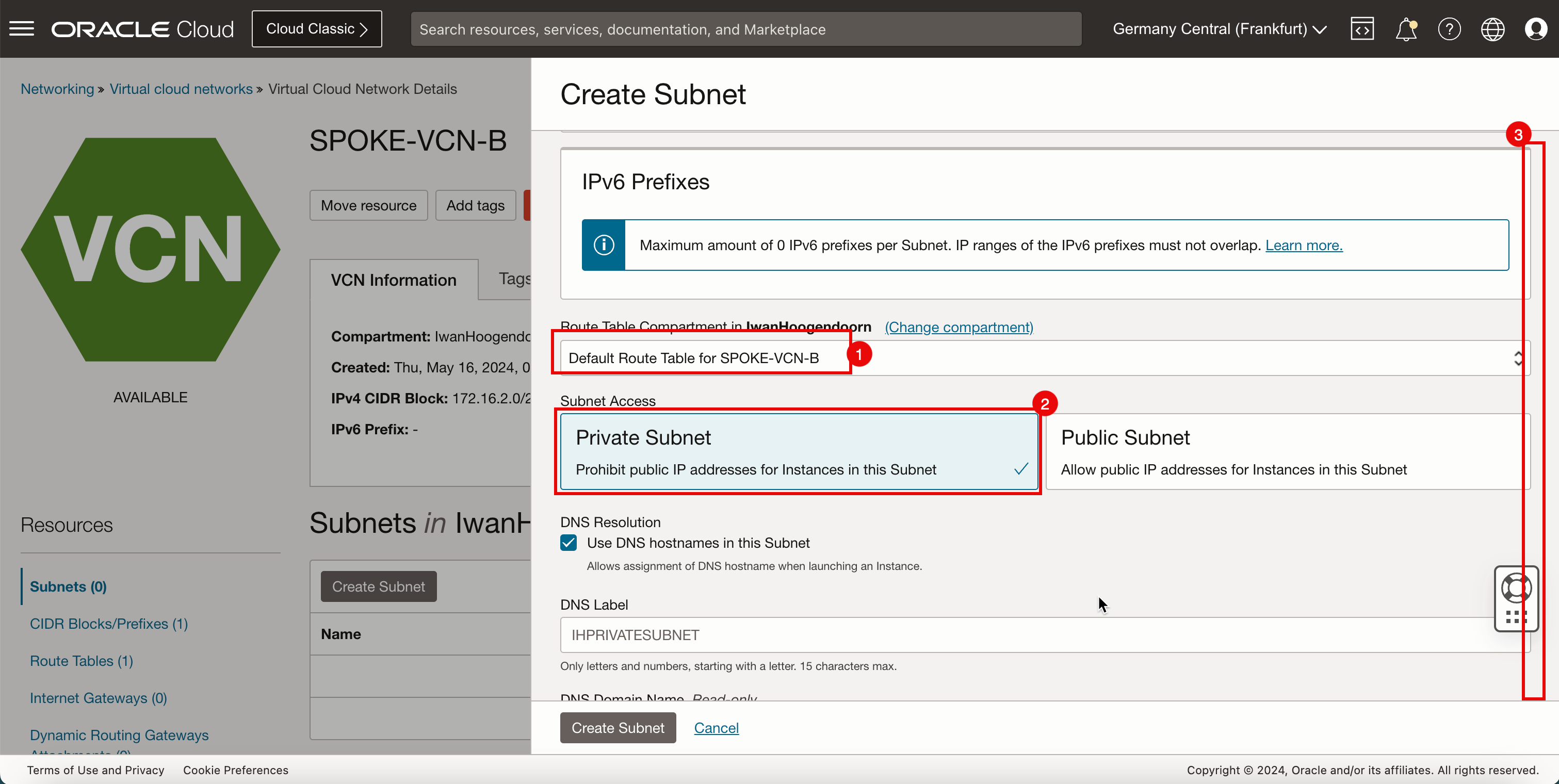

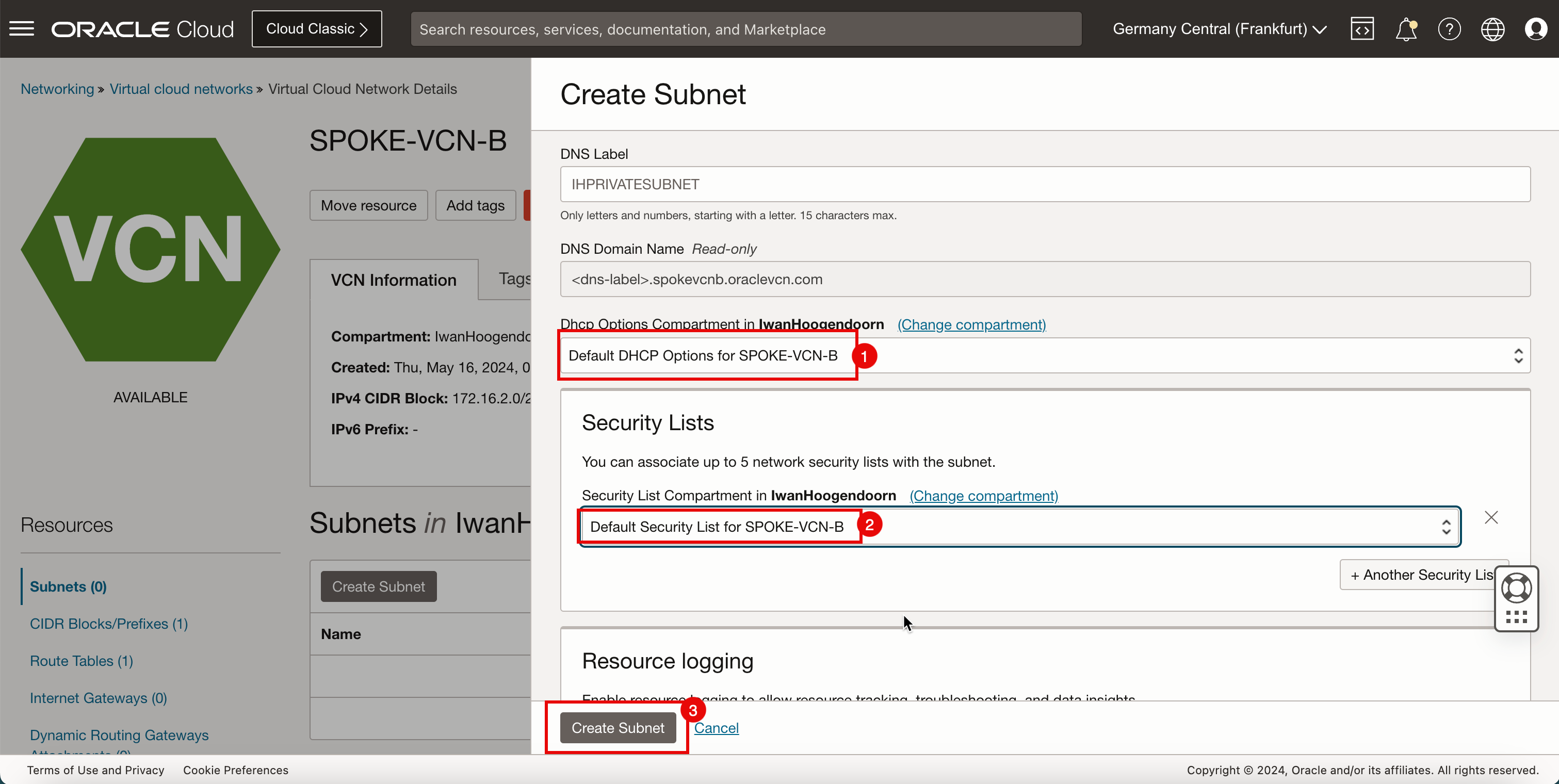

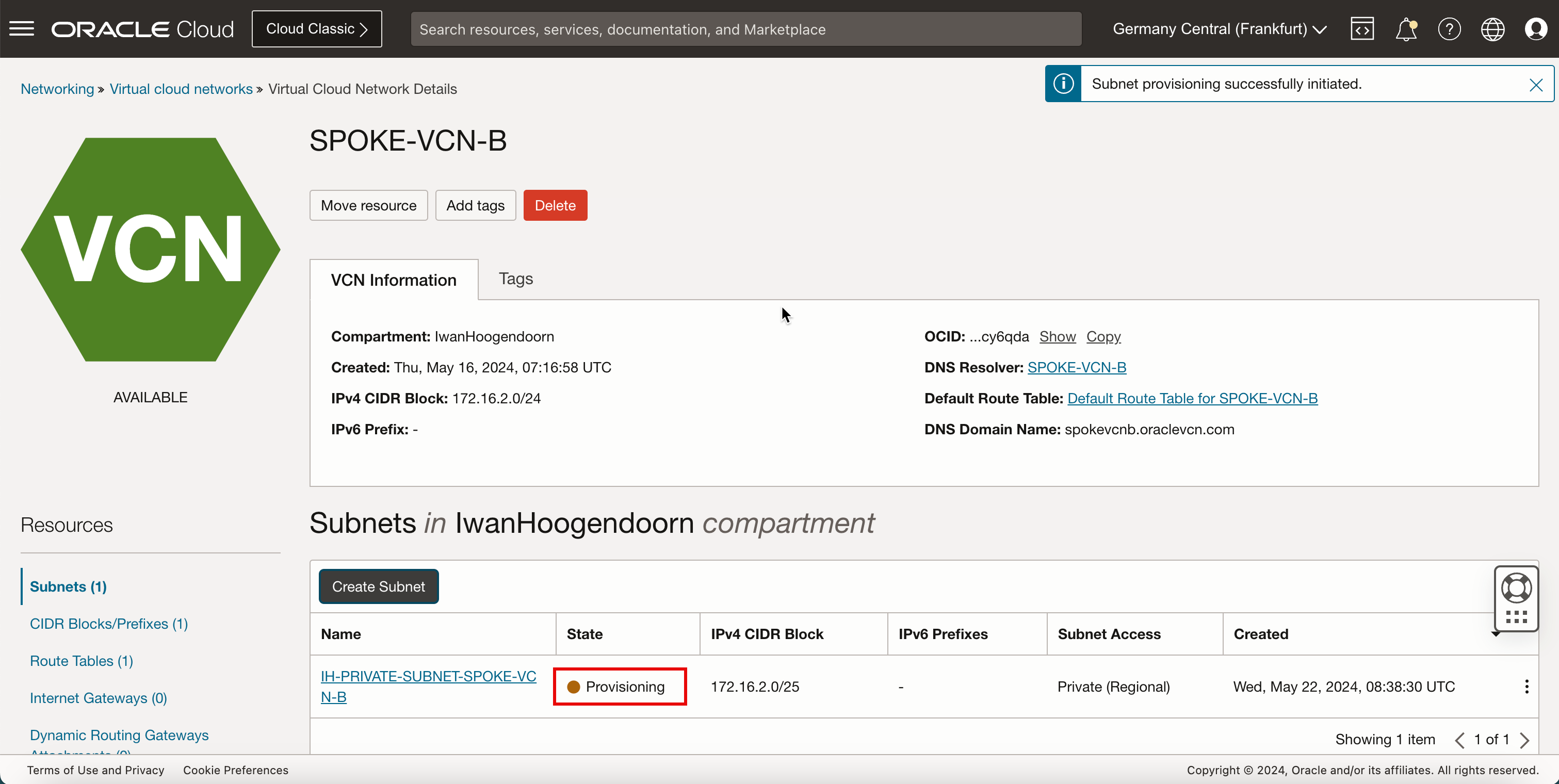

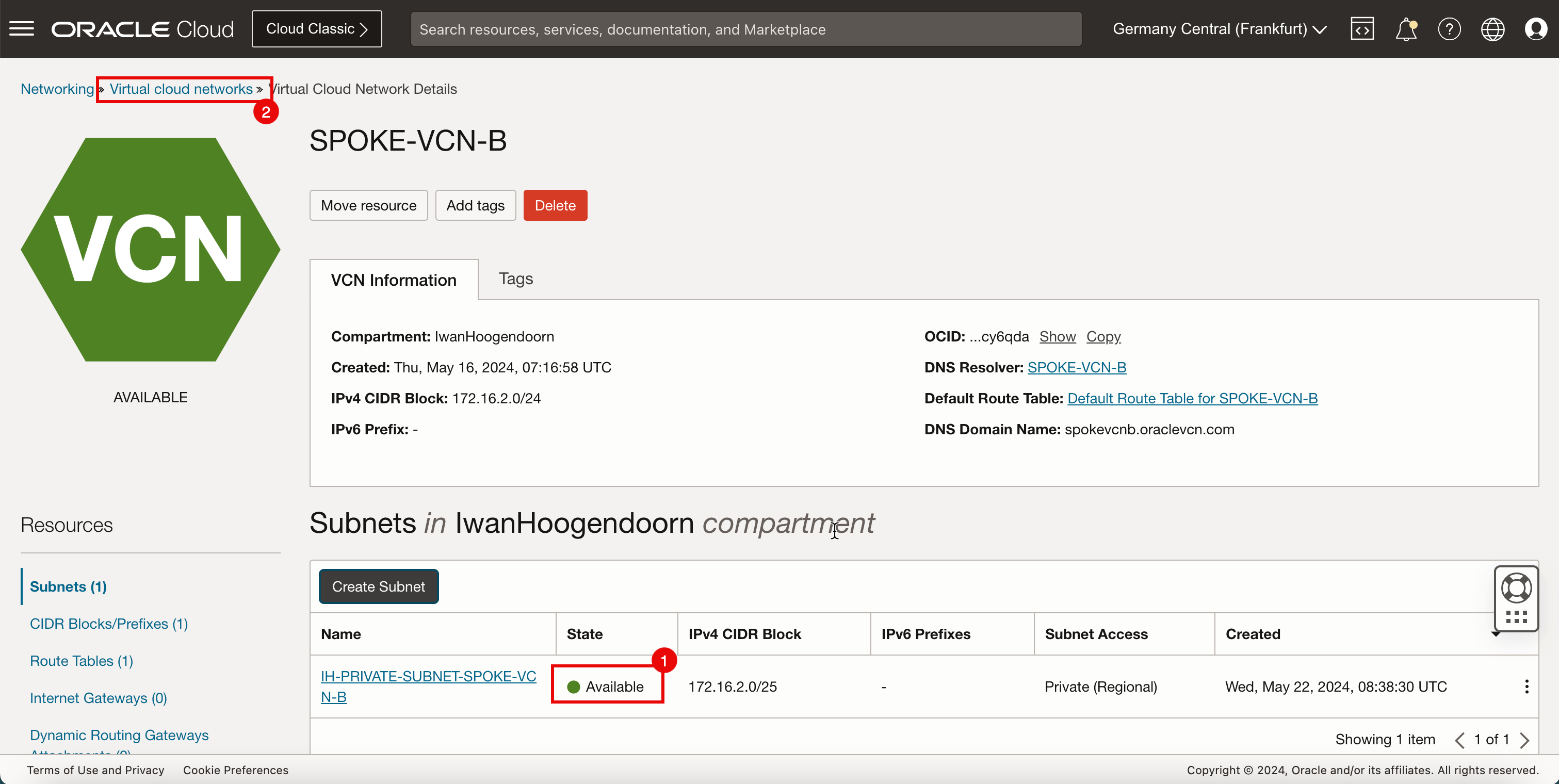

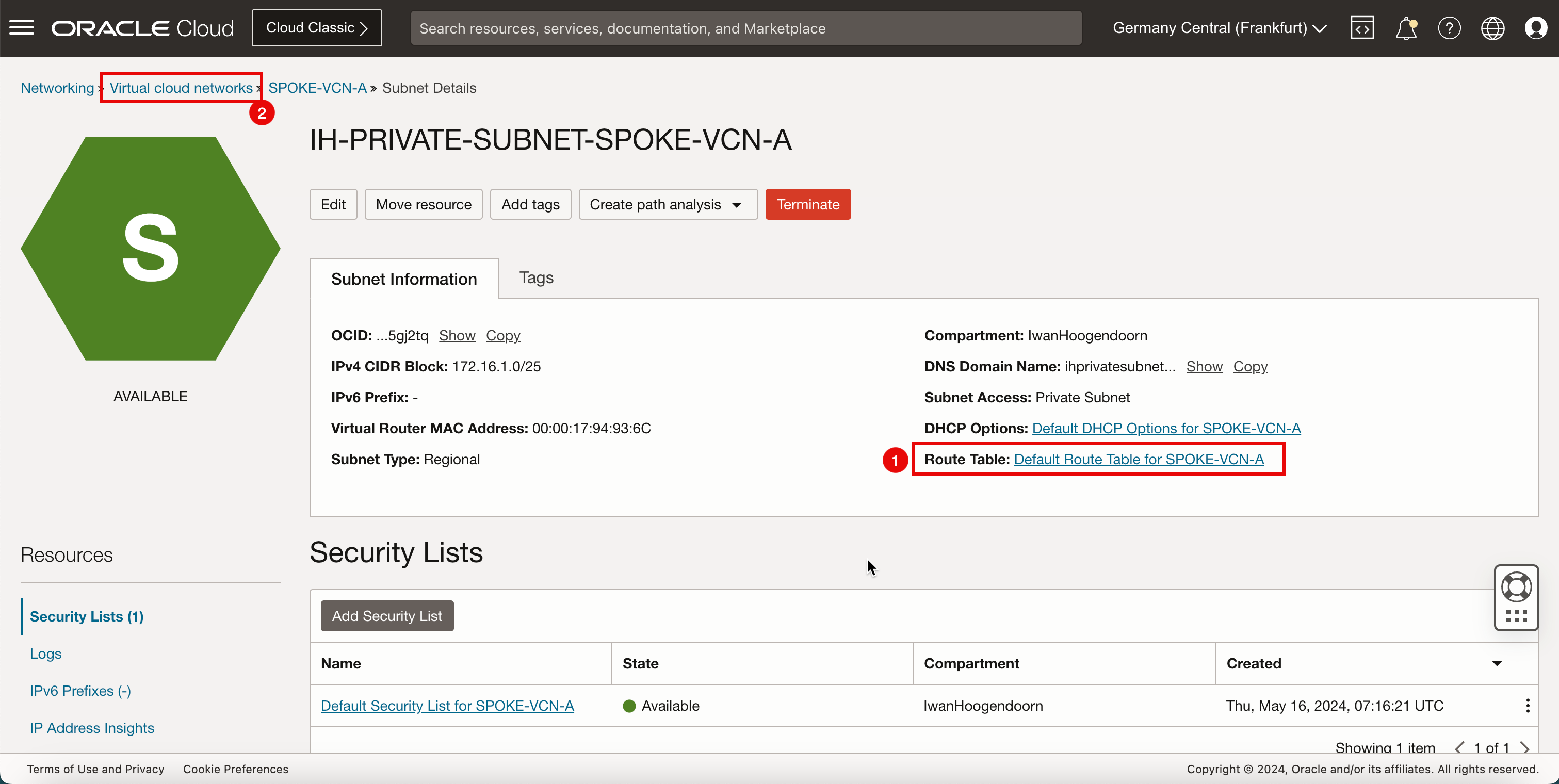

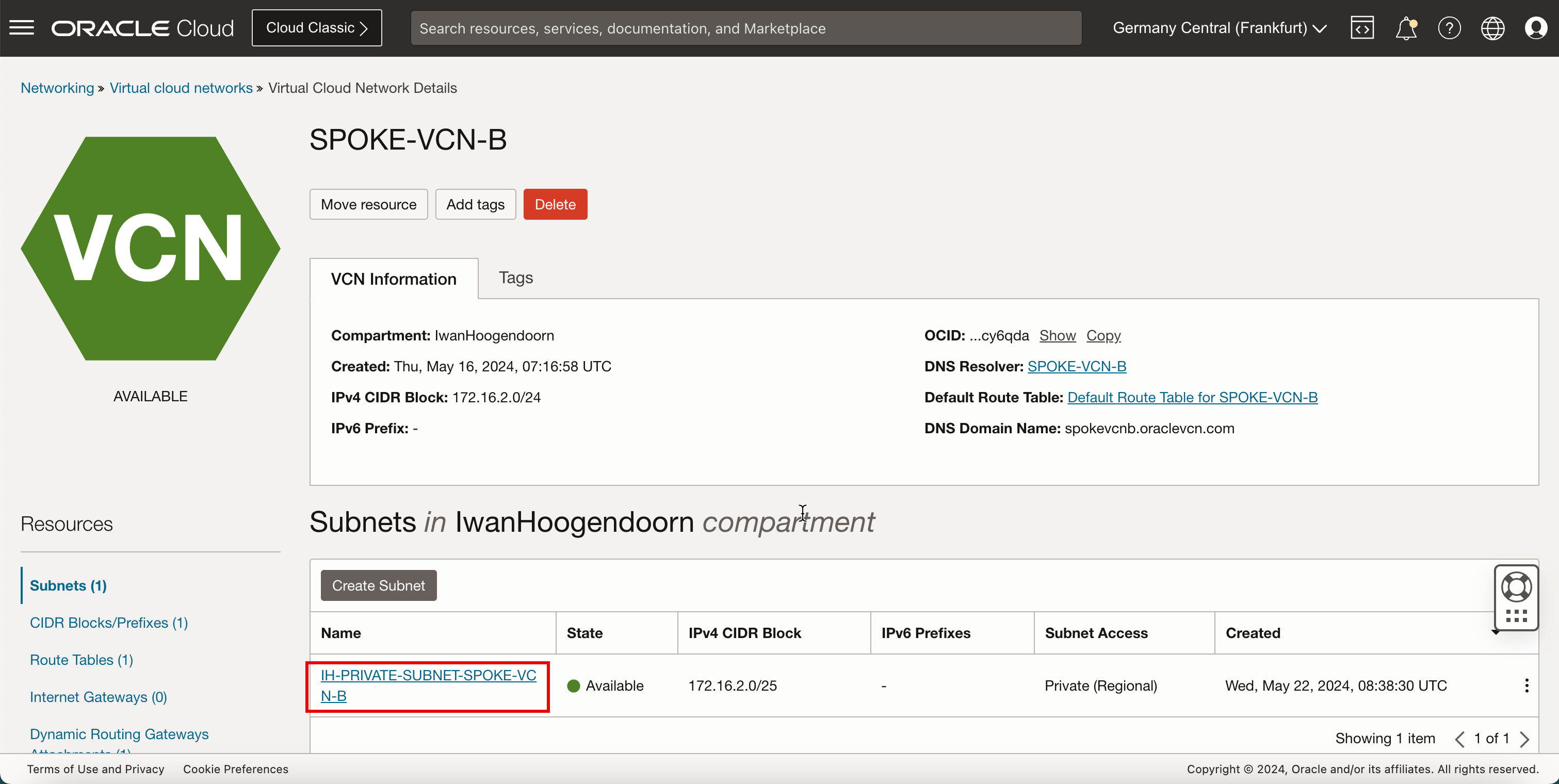

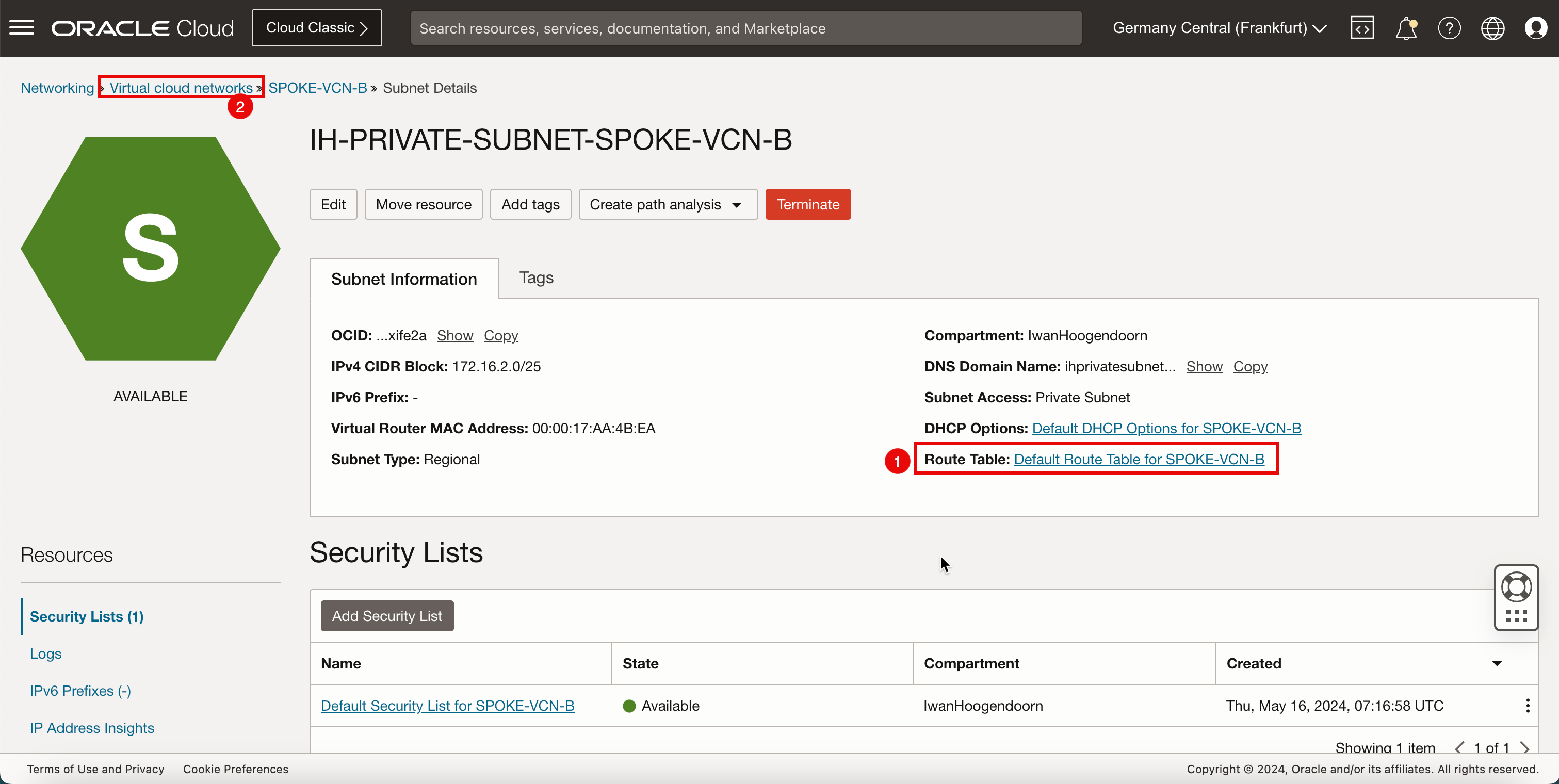

스포크 VCN B에 서브넷 생성

스포크 VCN B 내에 전용 서브넷을 하나 생성합니다.

-

Spoke VCN B를 누릅니다.

-

서브넷 생성을 눌러 서브넷을 생성합니다(전용).

- 개인 서브넷의 이름을 입력합니다.

- 개인 서브넷에 대한 IPv4 CIDR Block을 입력합니다.

- 아래로.

- 경로 테이블에서 기본 경로 테이블을 선택합니다.

- 서브넷 액세스에서 전용 서브넷을 선택합니다.

- 아래로.

- DHCP 옵션에서 기본 DHCP 옵션을 선택합니다.

- 보안 목록에서 기본 보안 목록을 선택합니다.

- 서브넷 생성을 누릅니다.

-

상태가 프로비전 중으로 설정되어 있습니다.

- 상태가 Available로 변경됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

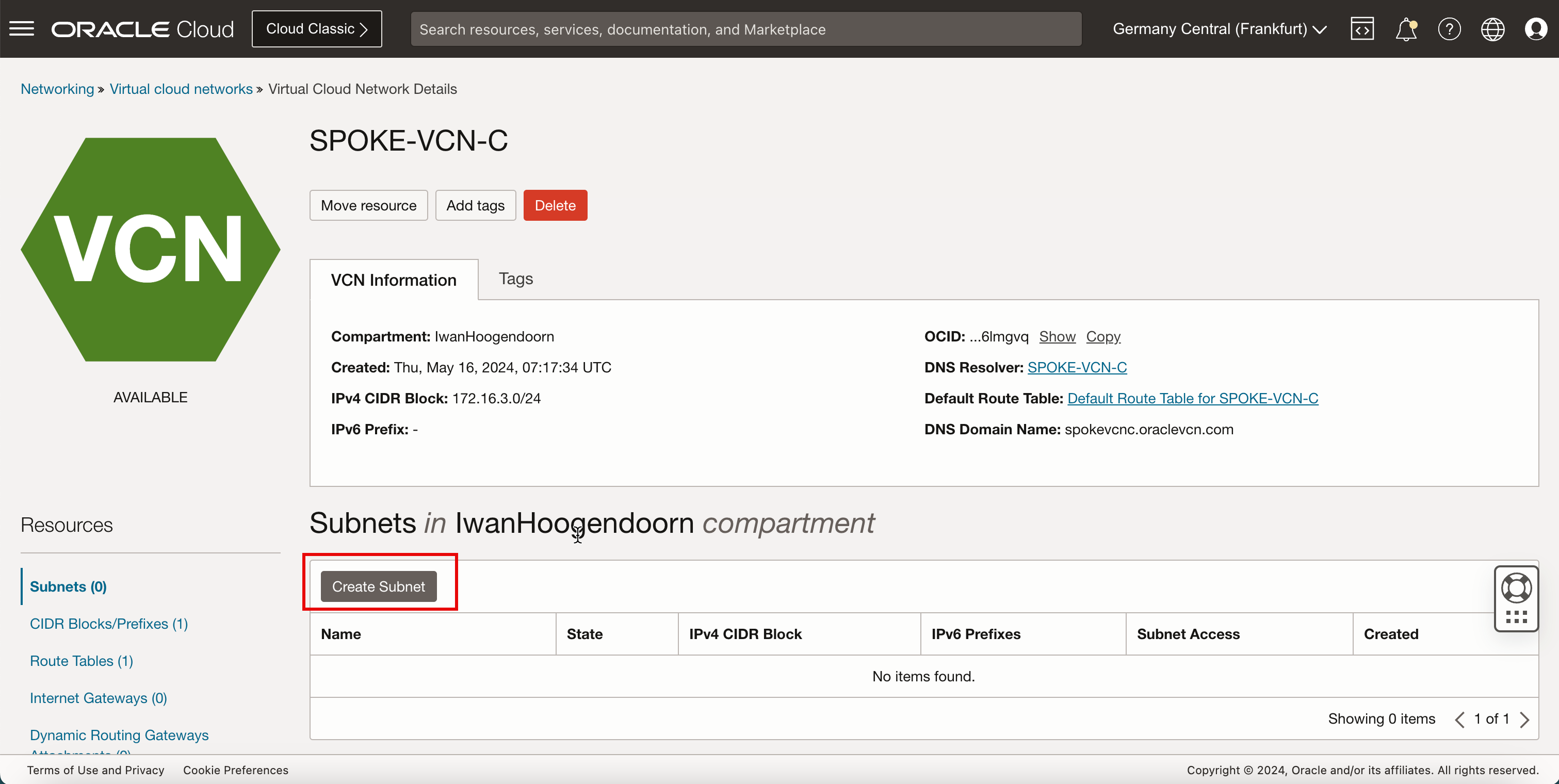

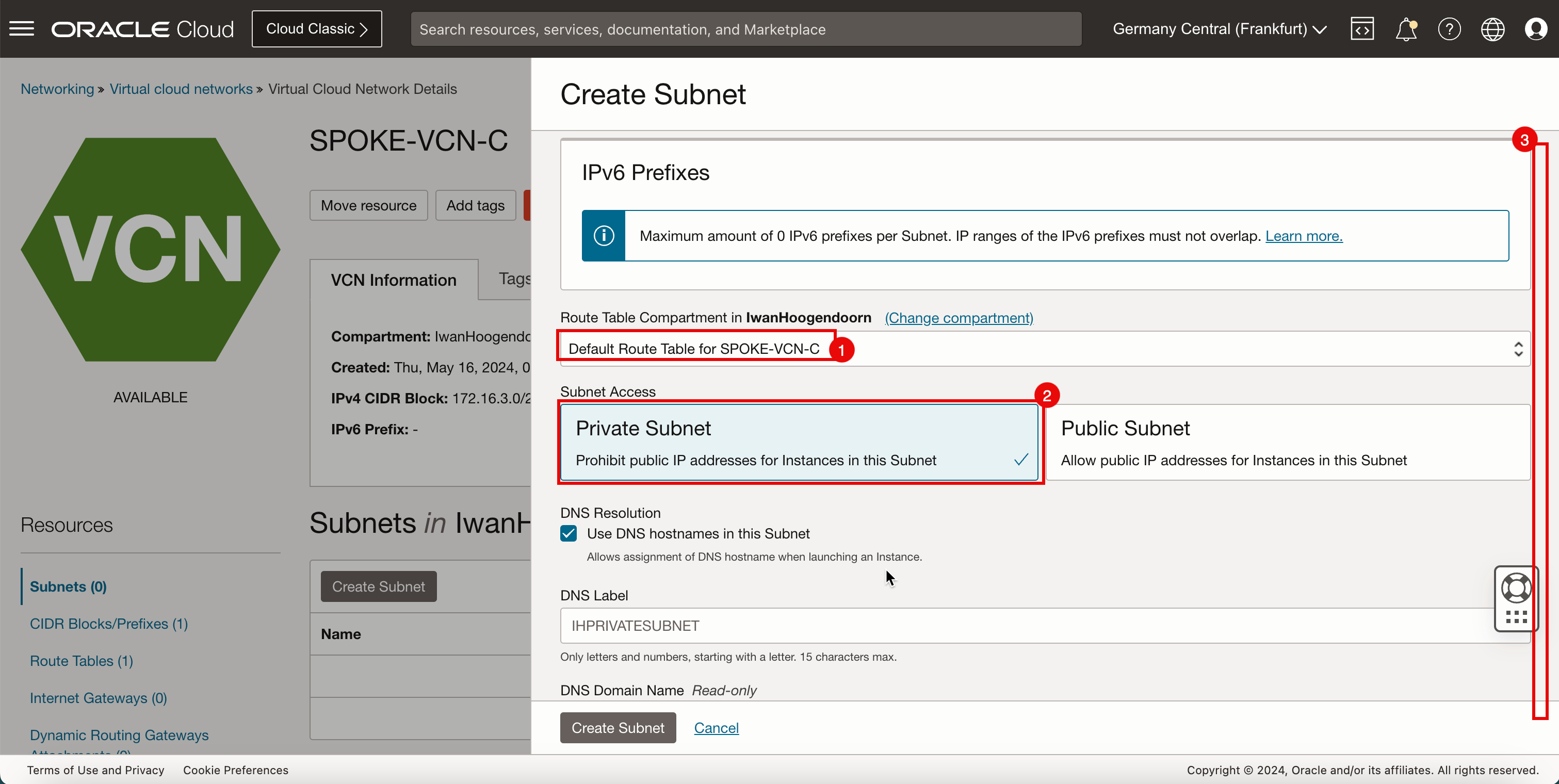

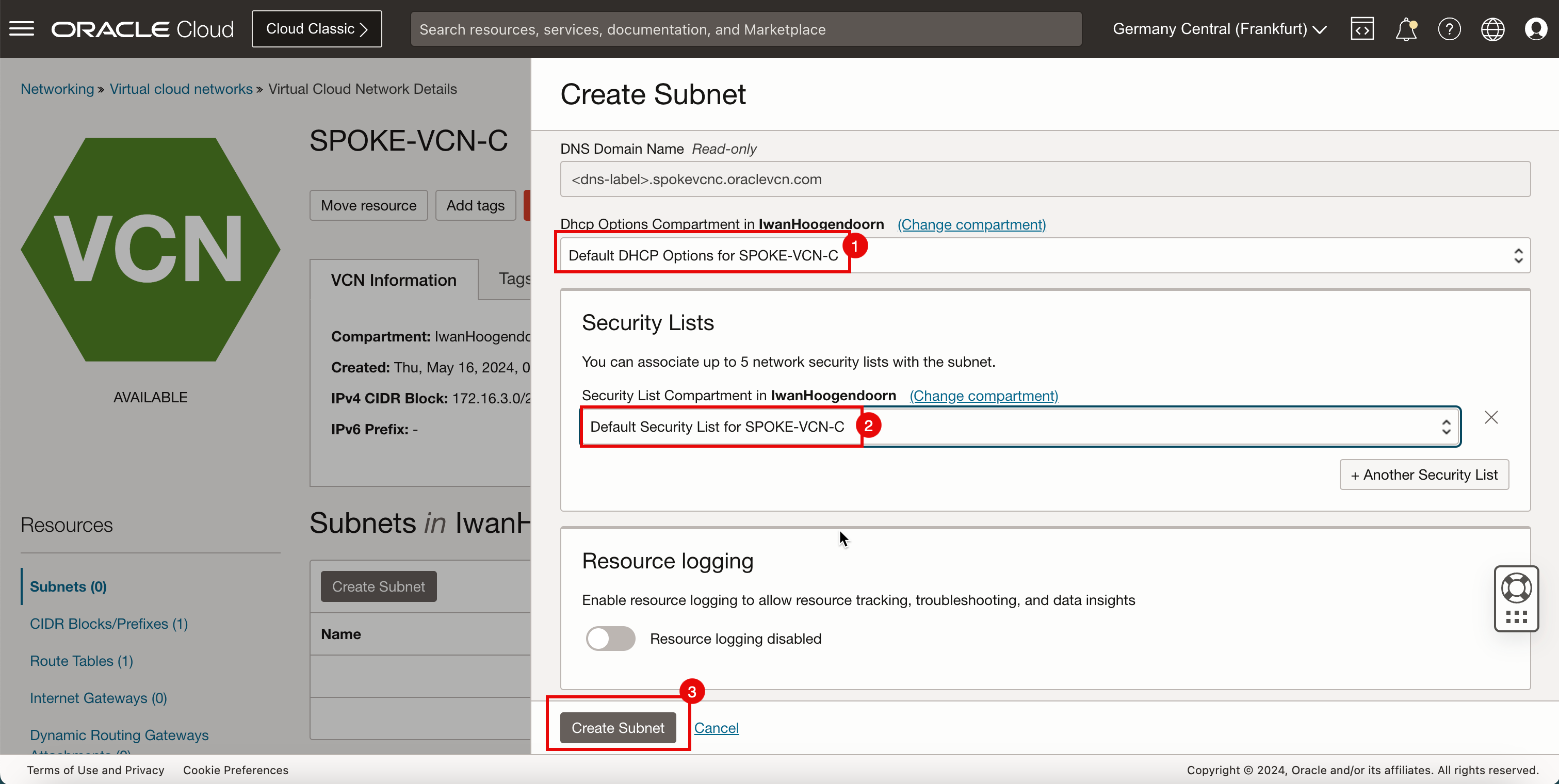

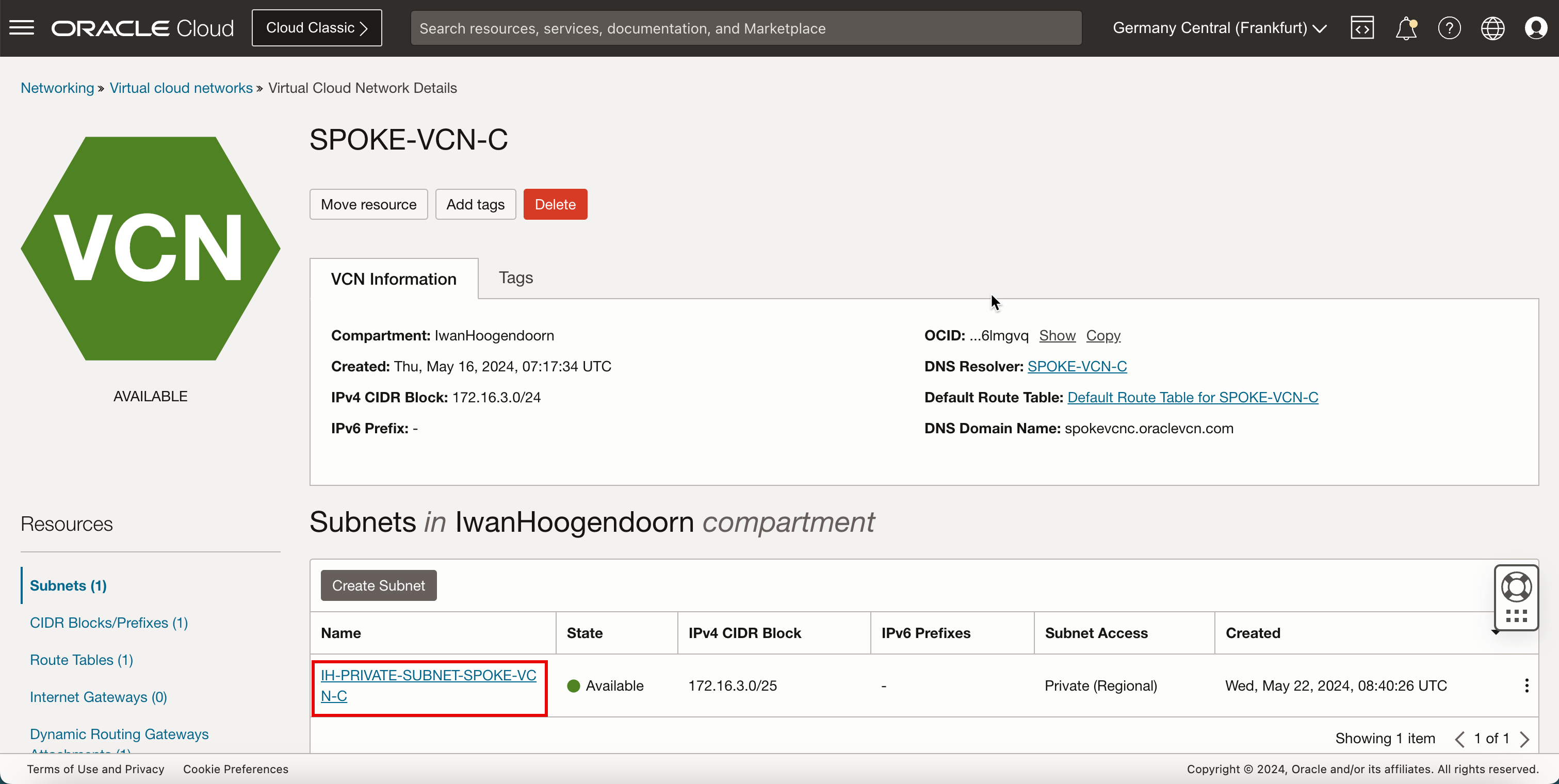

허브 VCN C 내에 서브넷 생성

스포크 VCN C 내에 전용 서브넷을 하나 생성합니다.

-

Spoke VCN C를 누릅니다.

-

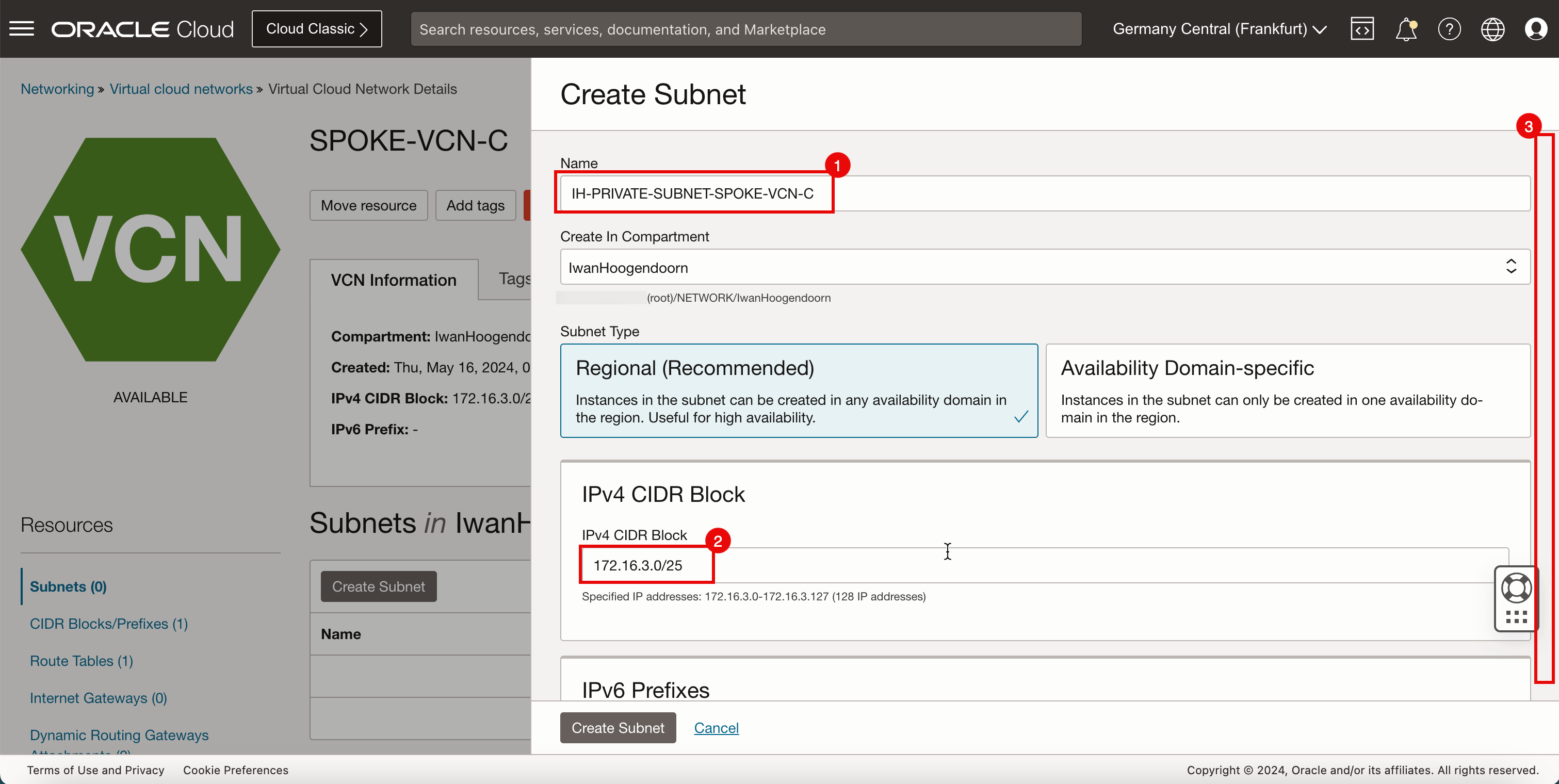

서브넷 생성을 눌러 서브넷을 생성합니다(전용).

- 개인 서브넷의 이름을 입력합니다.

- 개인 서브넷에 대한 IPv4 CIDR Block을 입력합니다.

- 아래로.

- 경로 테이블에서 기본 경로 테이블을 선택합니다.

- 서브넷 액세스에서 전용 서브넷을 선택합니다.

- 아래로.

- DHCP 옵션에서 기본 DHCP 옵션을 선택합니다.

- 보안 목록에서 기본 보안 목록을 선택합니다.

- 서브넷 생성을 누릅니다.

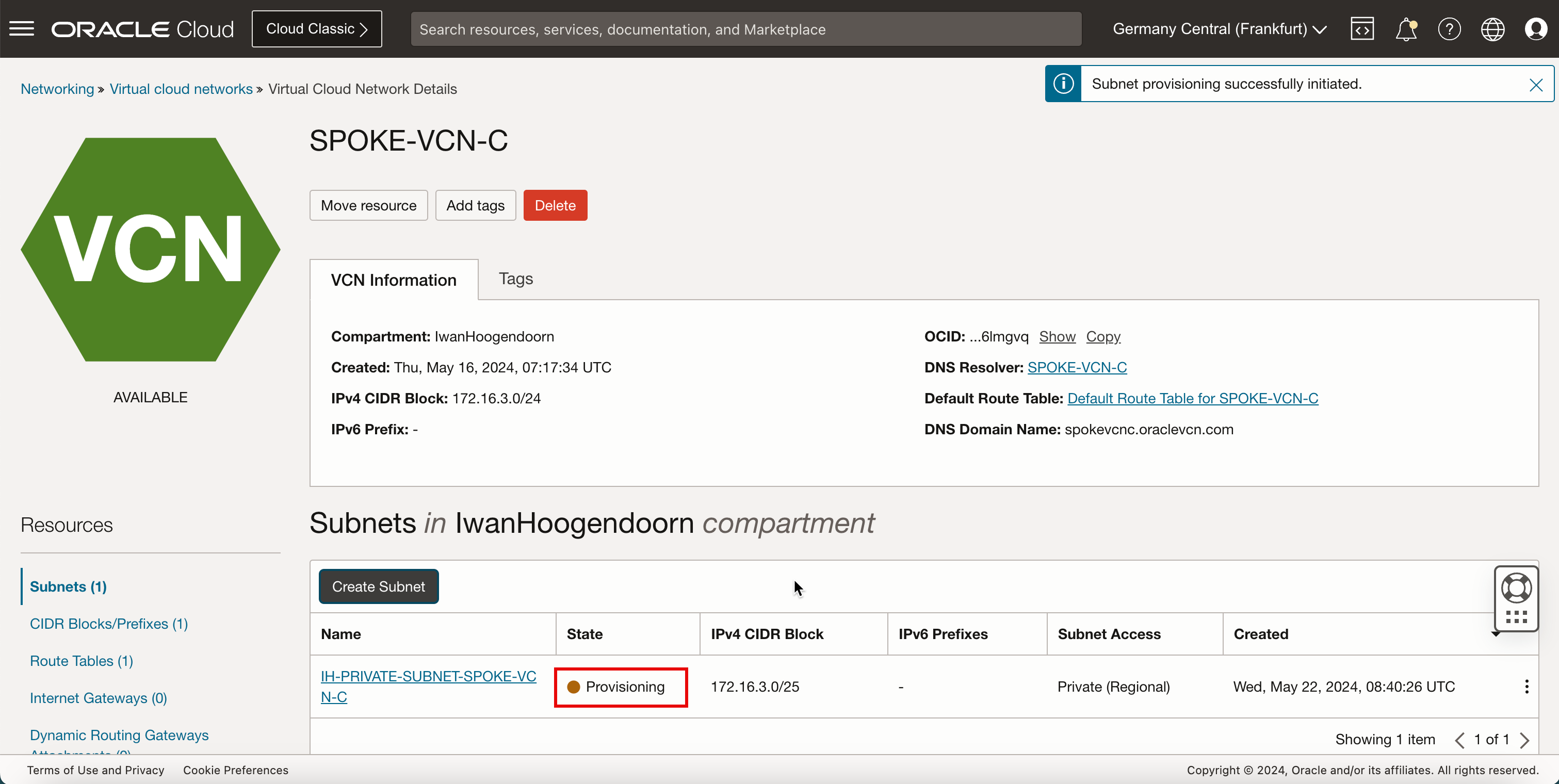

-

상태가 프로비전 중으로 설정되어 있습니다.

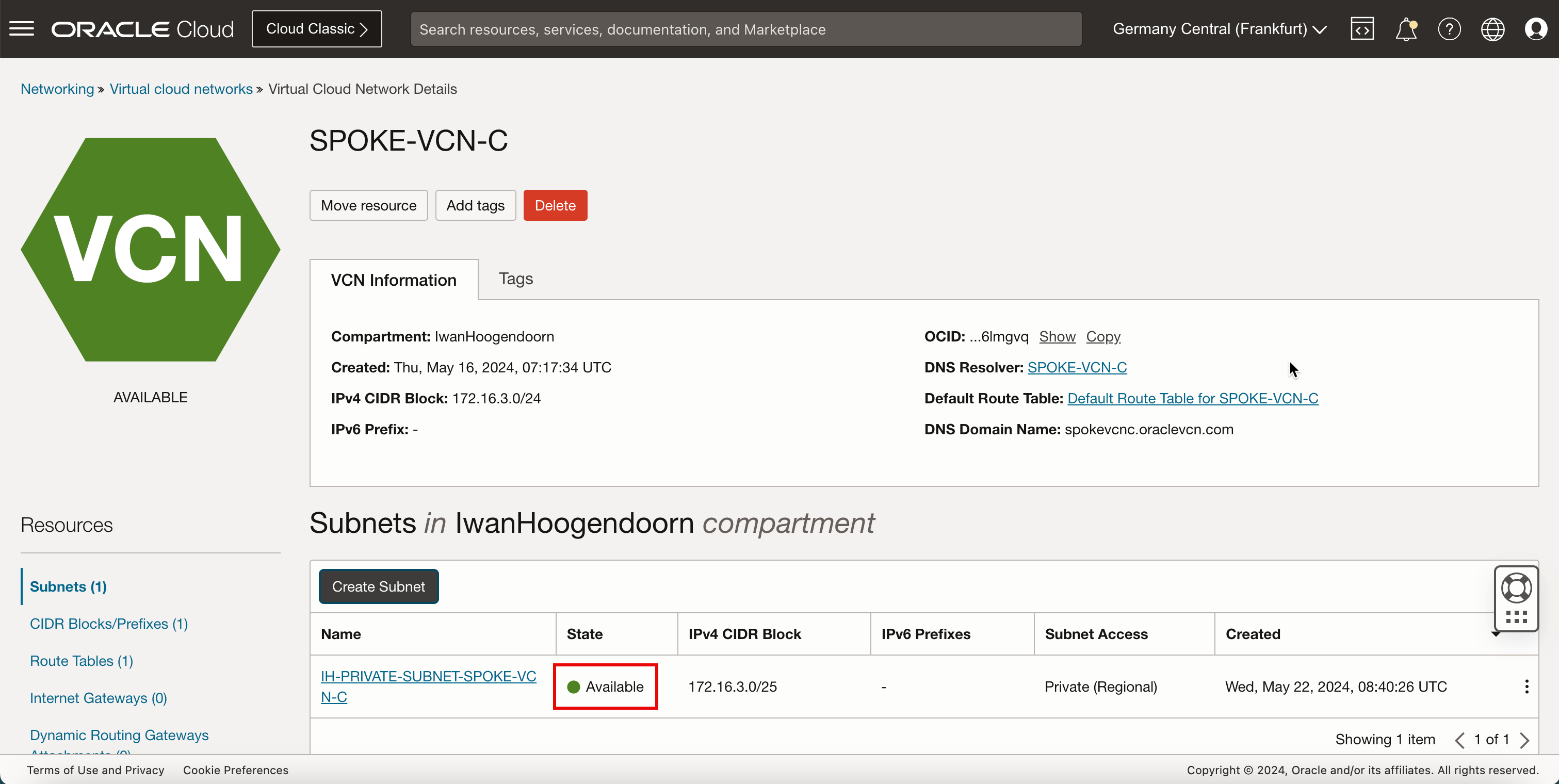

-

상태가 Available로 변경됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

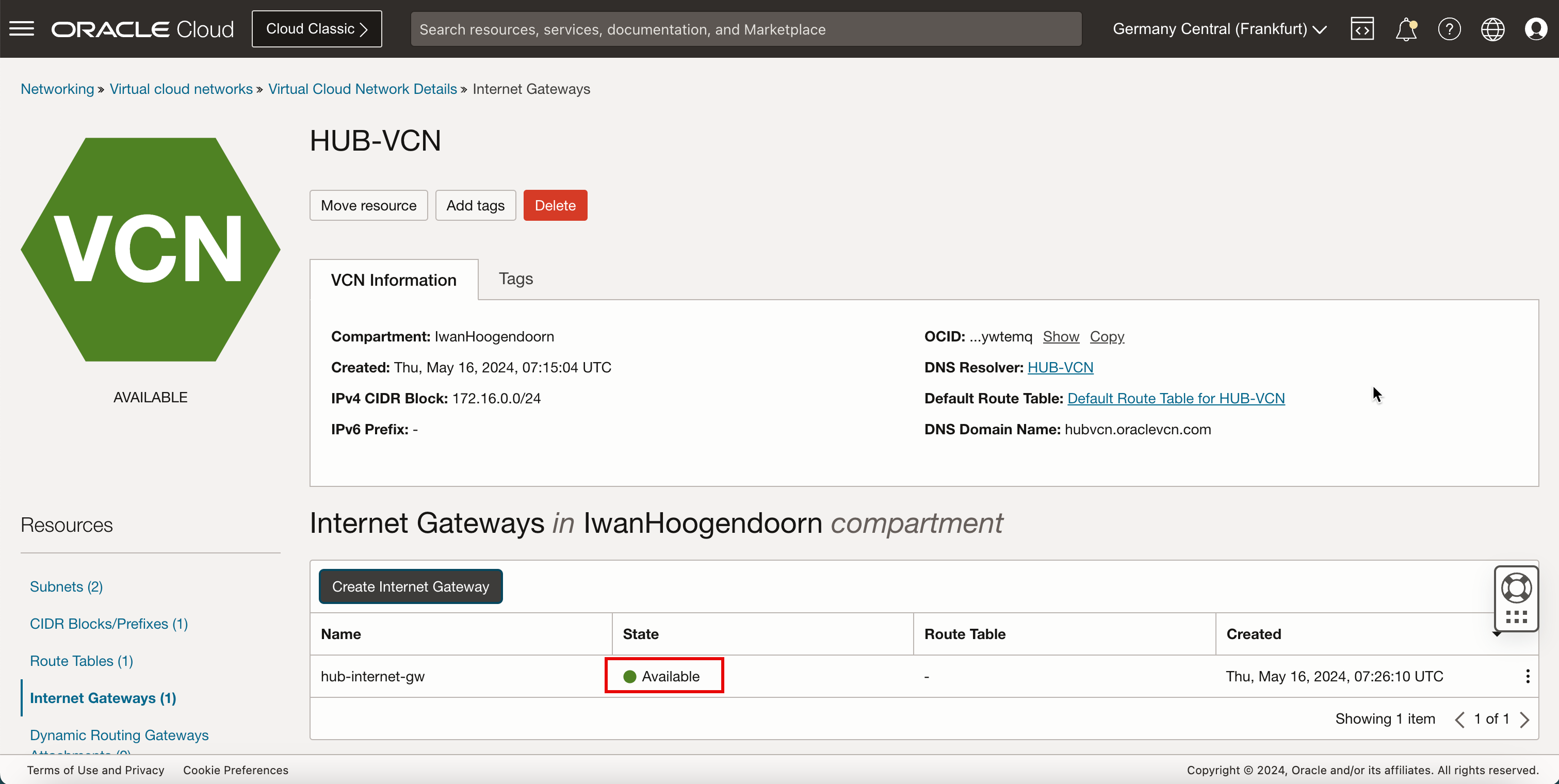

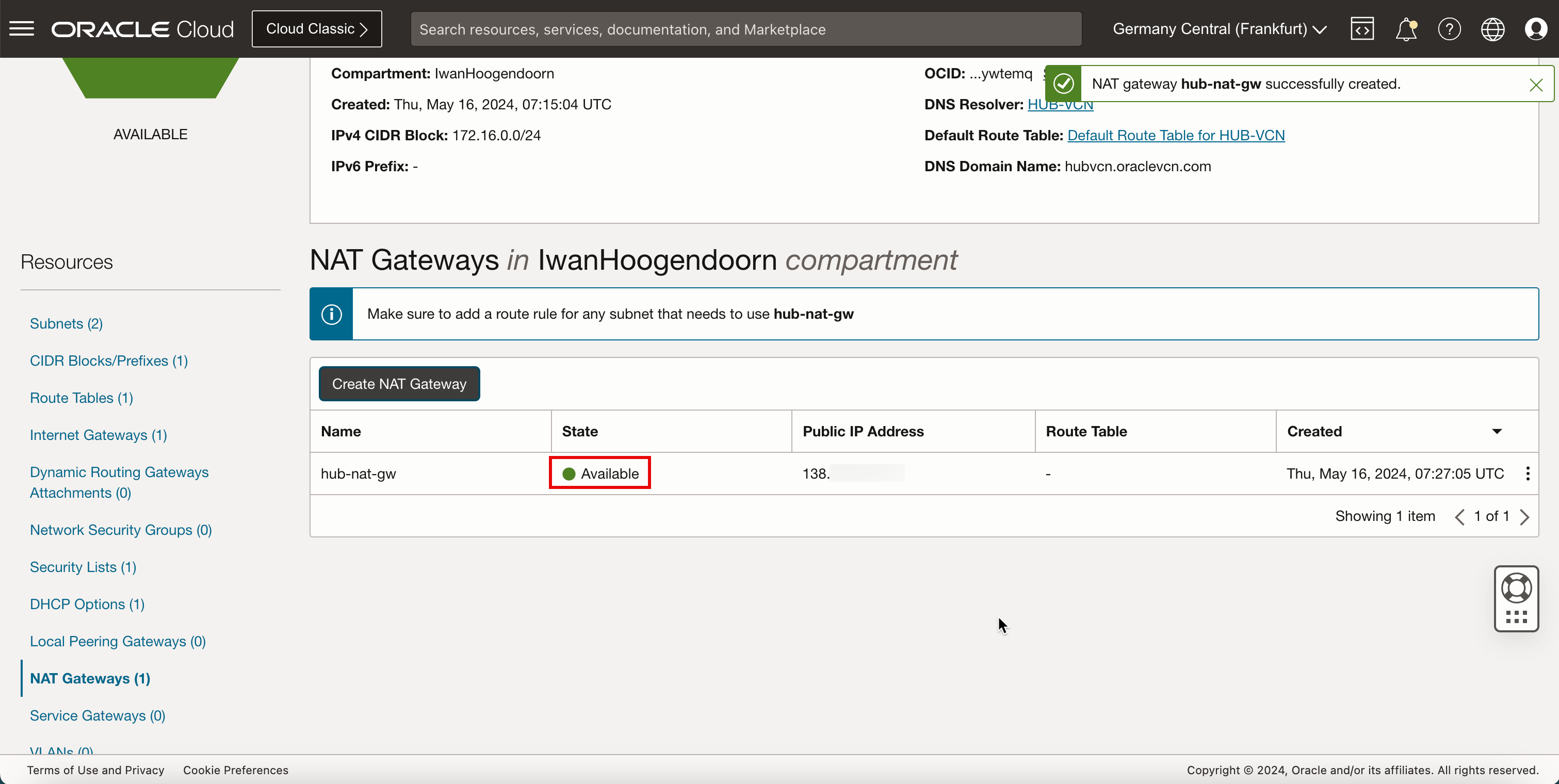

작업 3: 허브 VCN에서 동적 라우팅 게이트웨이(DRG), 인터넷 게이트웨이 및 NAT 게이트웨이 생성

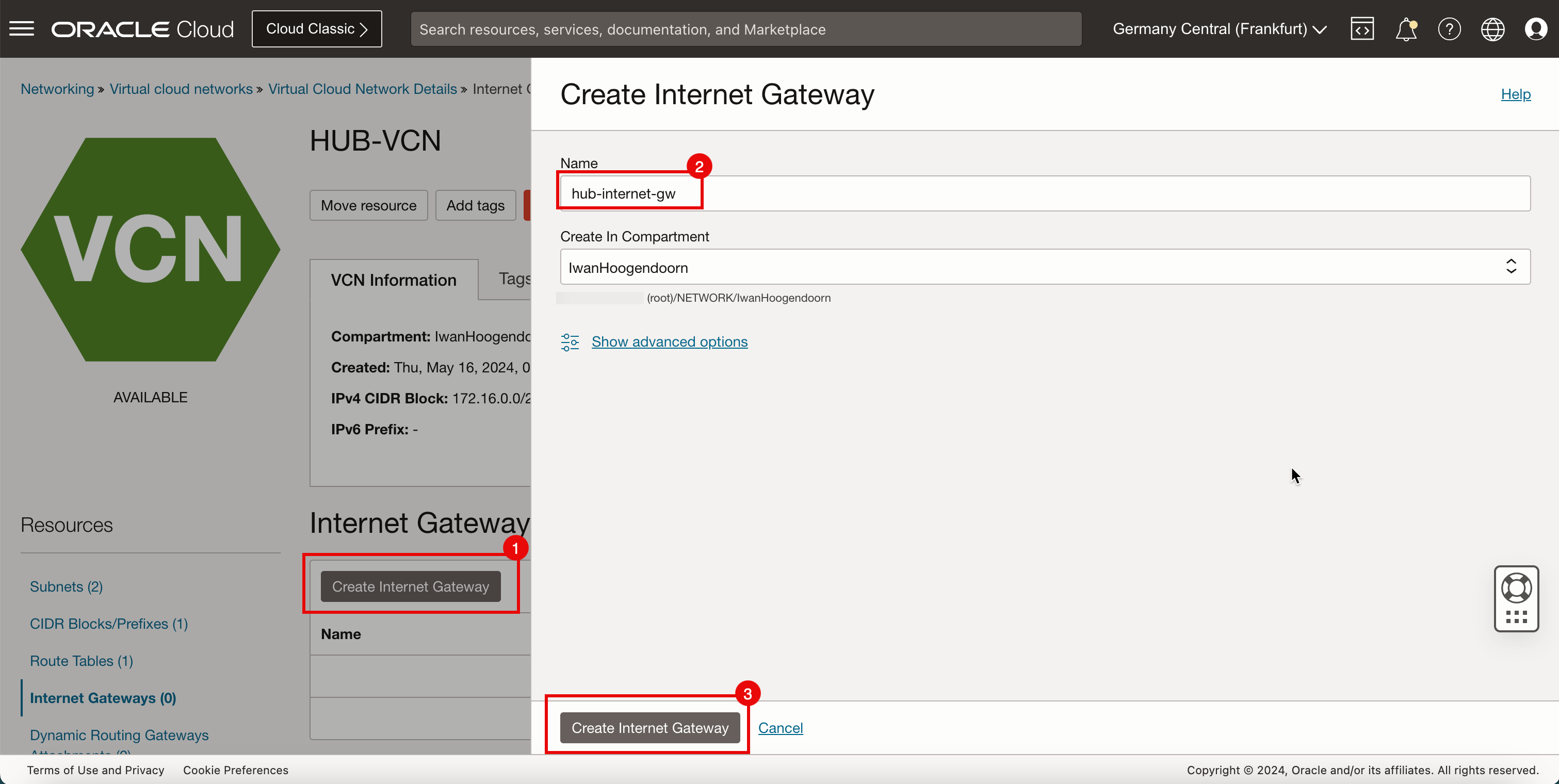

VCN 간 트래픽 경로 지정에 사용할 DRG를 생성합니다. 또한 인터넷에 액세스하기 위해 인터넷 게이트웨이와 NAT 게이트웨이를 생성해야 합니다.

-

허브 VCN을 누릅니다.

-

Internet Gateways(인터넷 게이트웨이)를 누릅니다.

- 인터넷 게이트웨이 생성을 누릅니다.

- 인터넷 게이트웨이의 이름을 입력합니다.

- 인터넷 게이트웨이 생성을 누릅니다.

- 상태는 Available입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

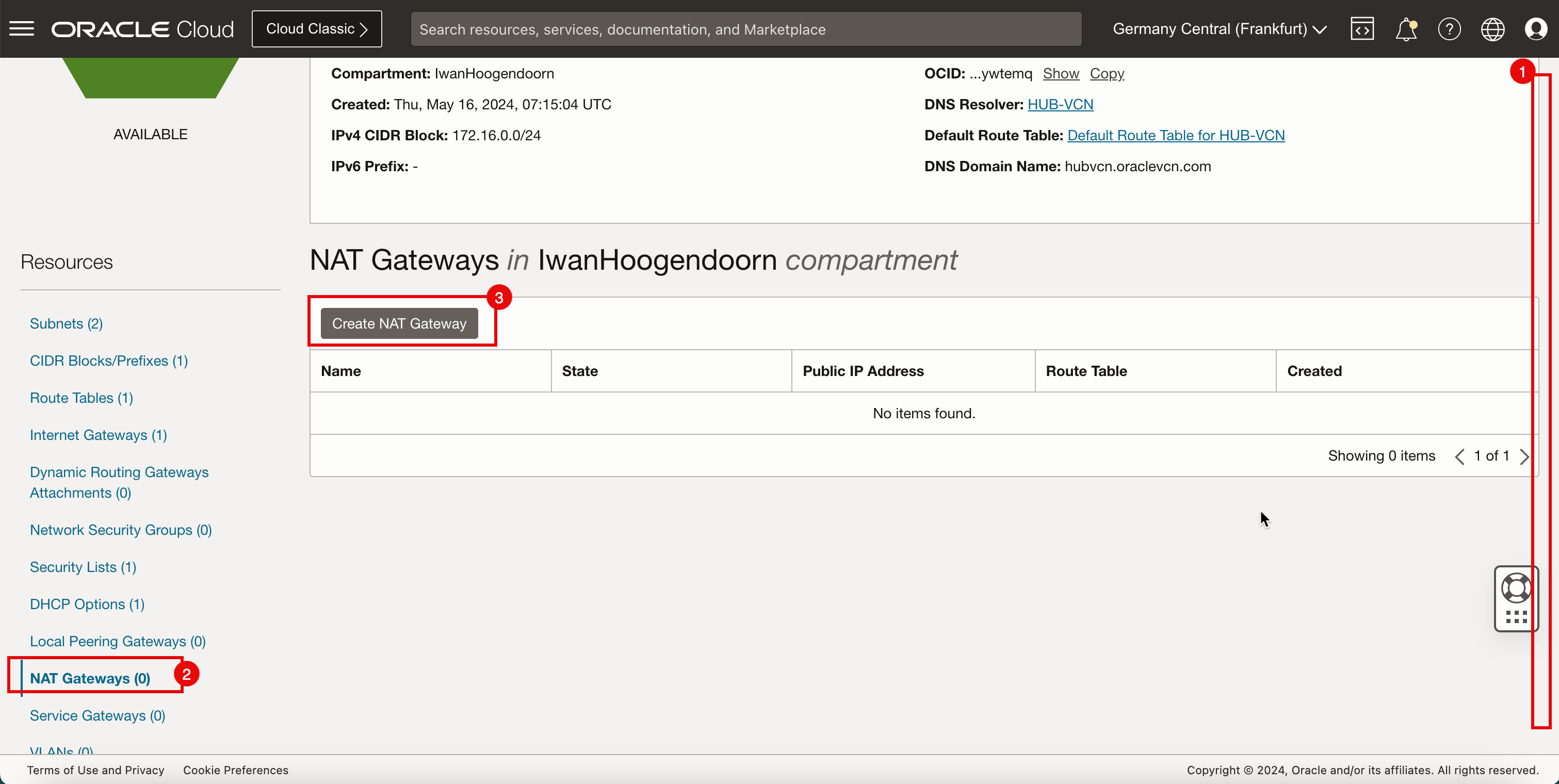

- 인터넷 게이트웨이를 생성한 후 허브 VCN 구성 페이지 내에 있습니다. 아래로.

- NAT 게이트웨이를 누릅니다.

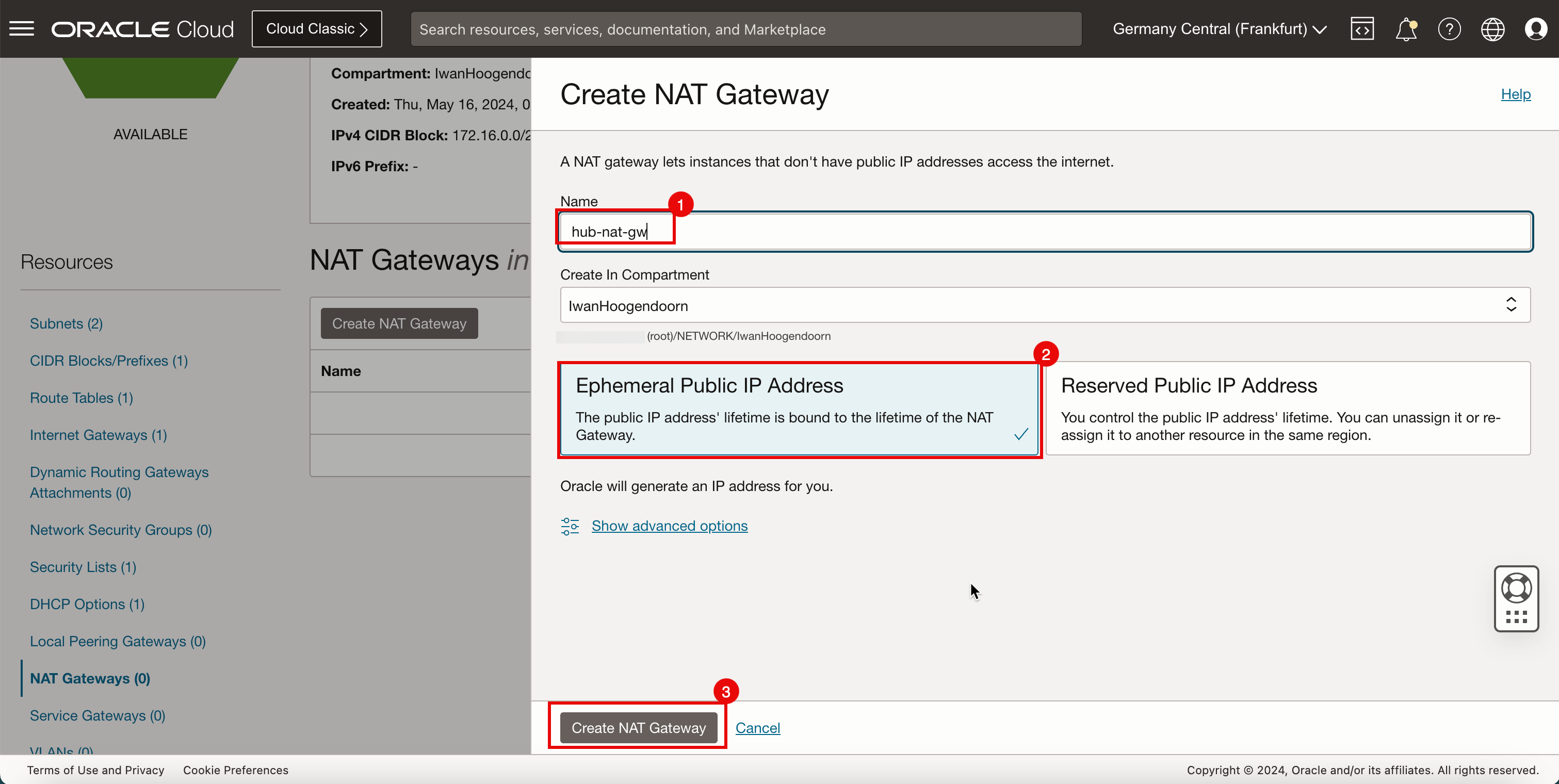

- Create NAT Gateway를 누릅니다.

- NAT 게이트웨이의 이름을 입력합니다.

- 임시 공용 IP 주소를 선택합니다.

- Create NAT Gateway를 누릅니다.

- 상태는 Available입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

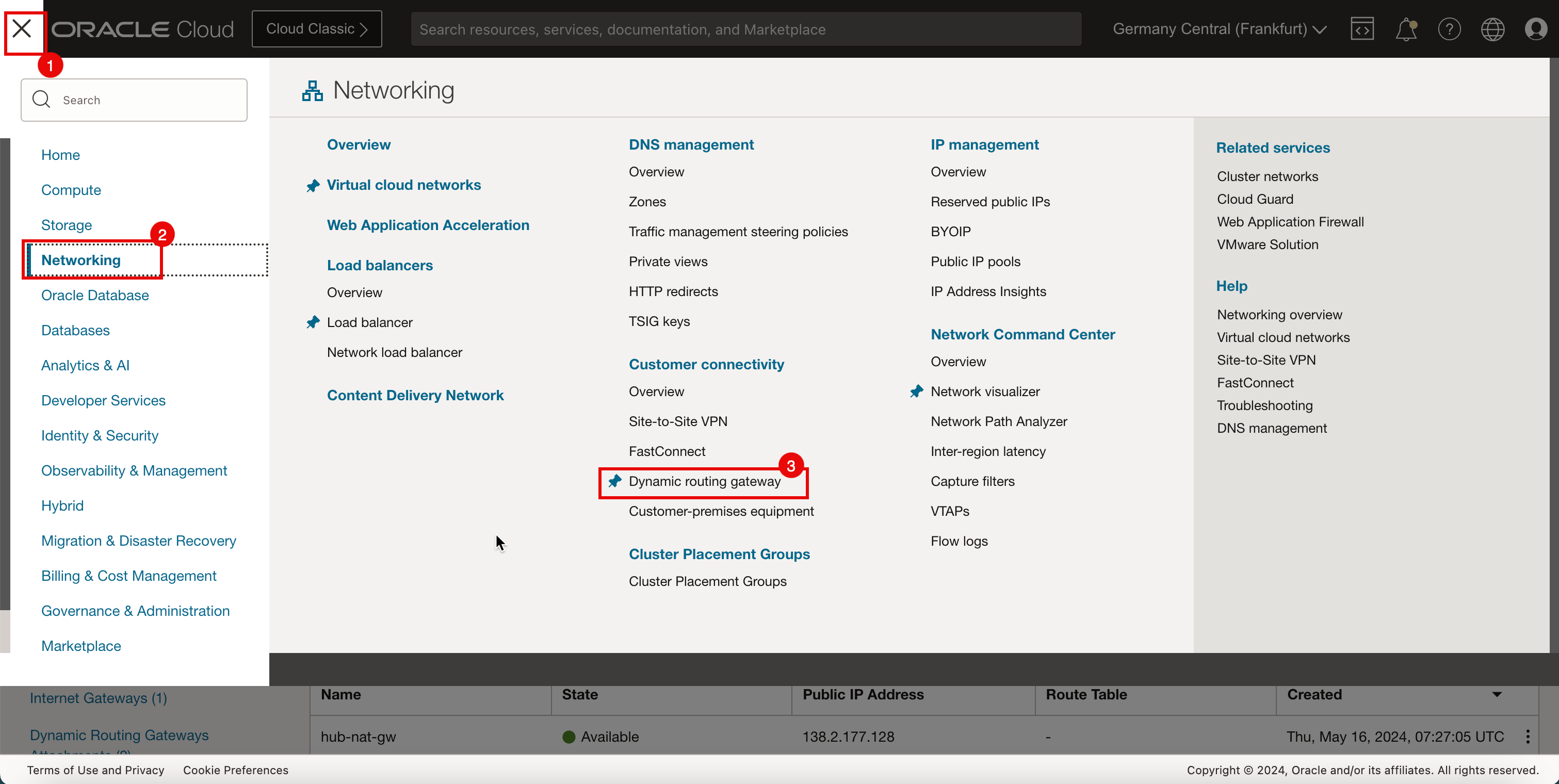

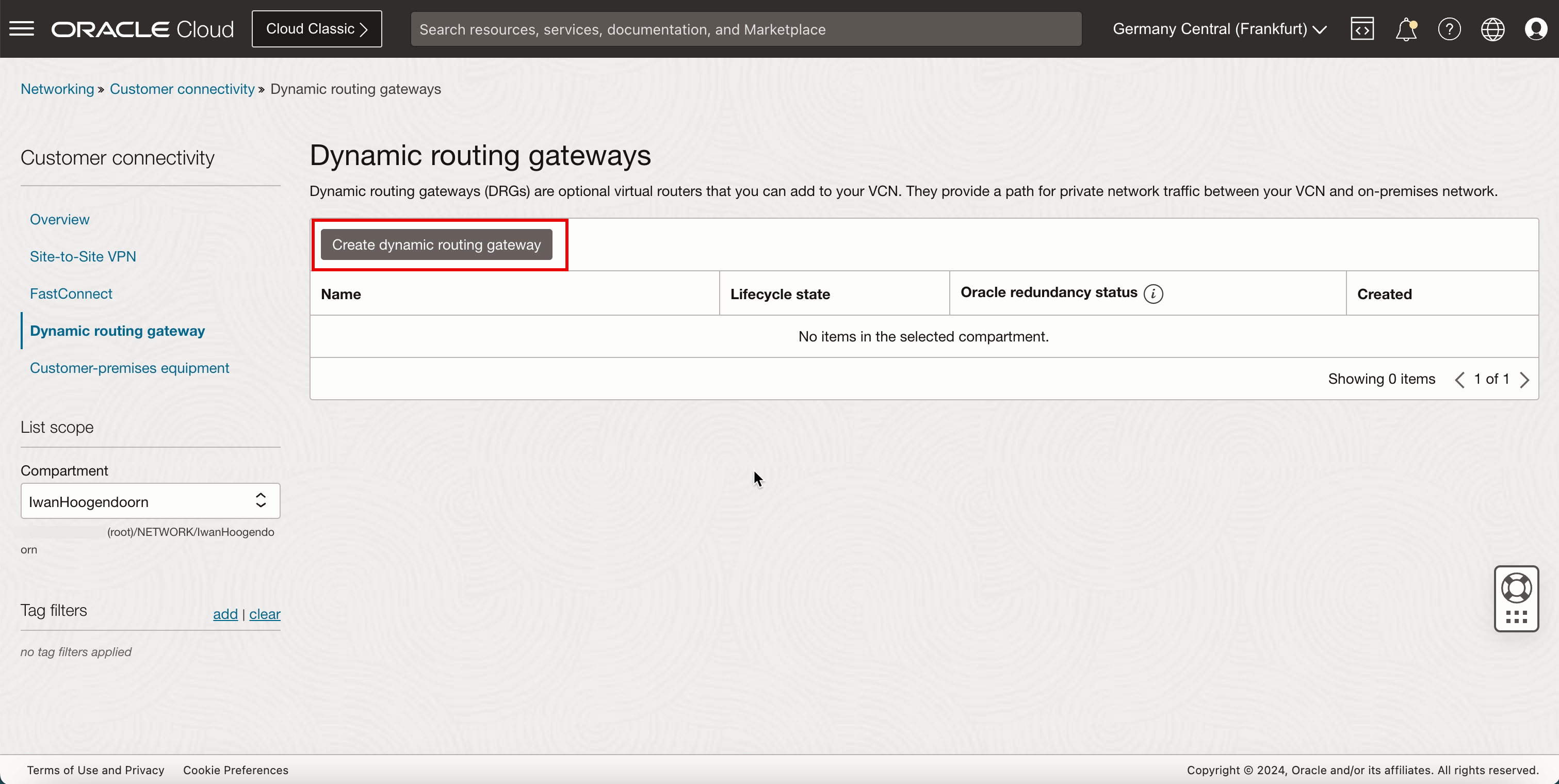

-

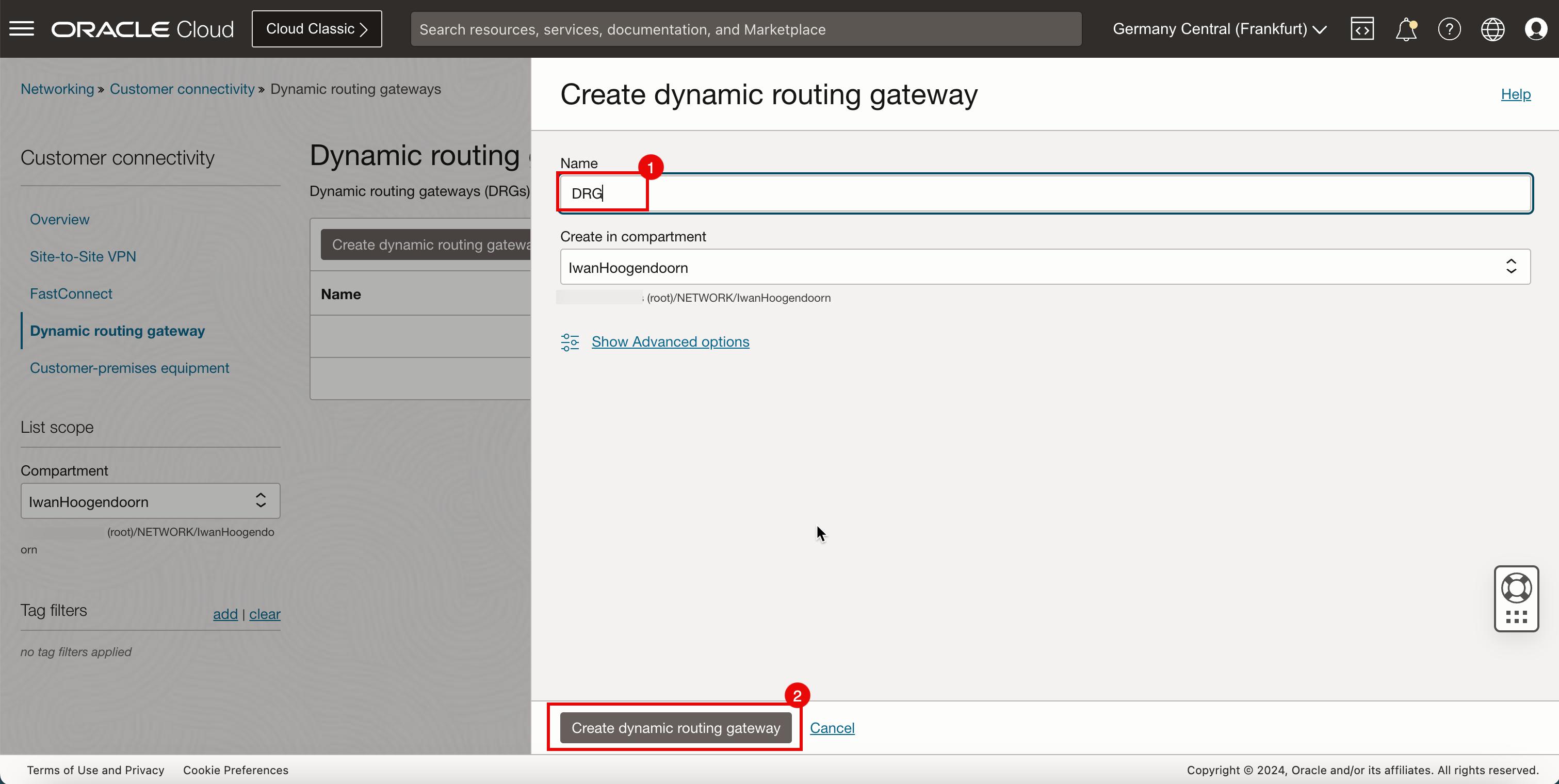

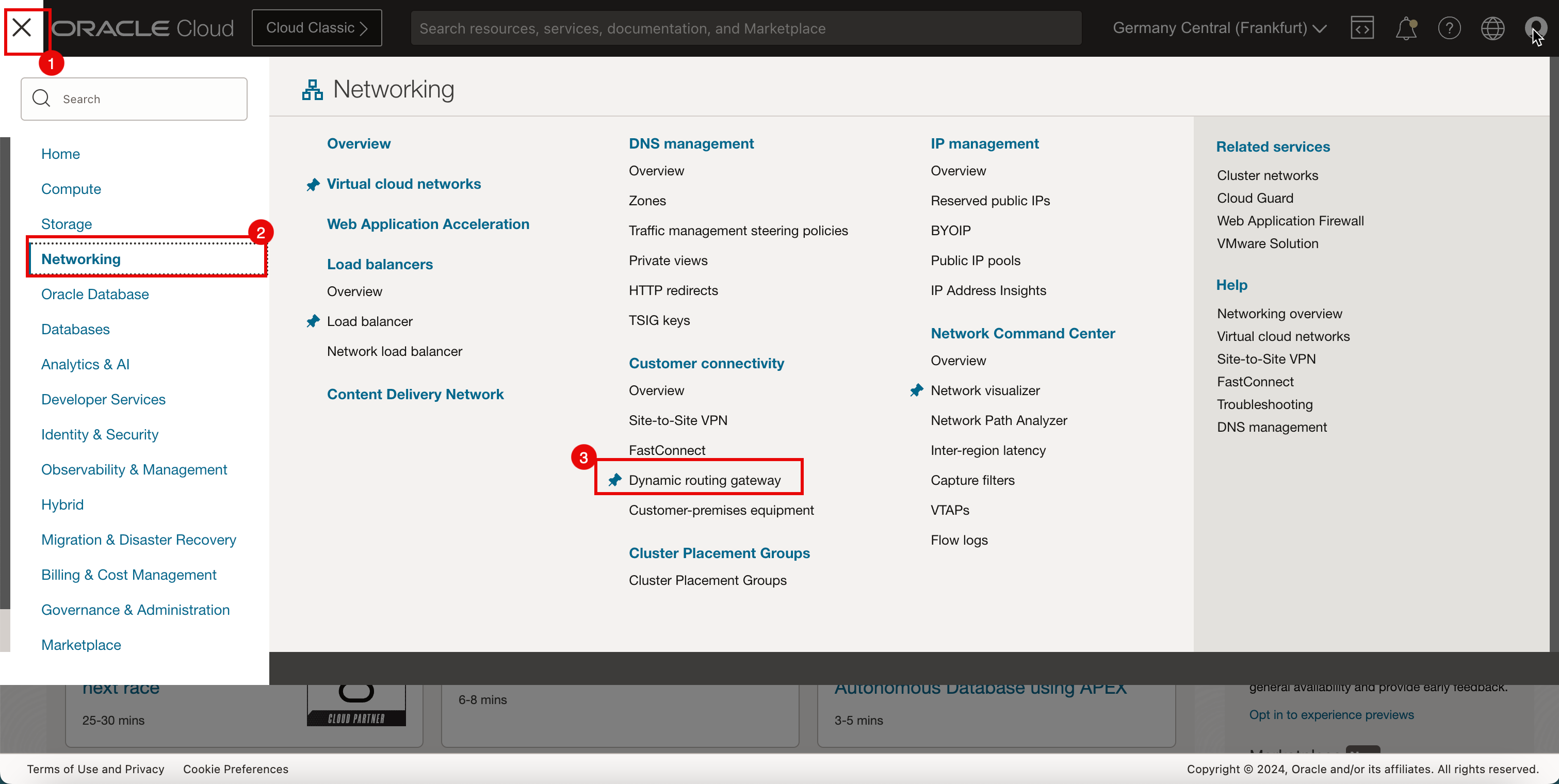

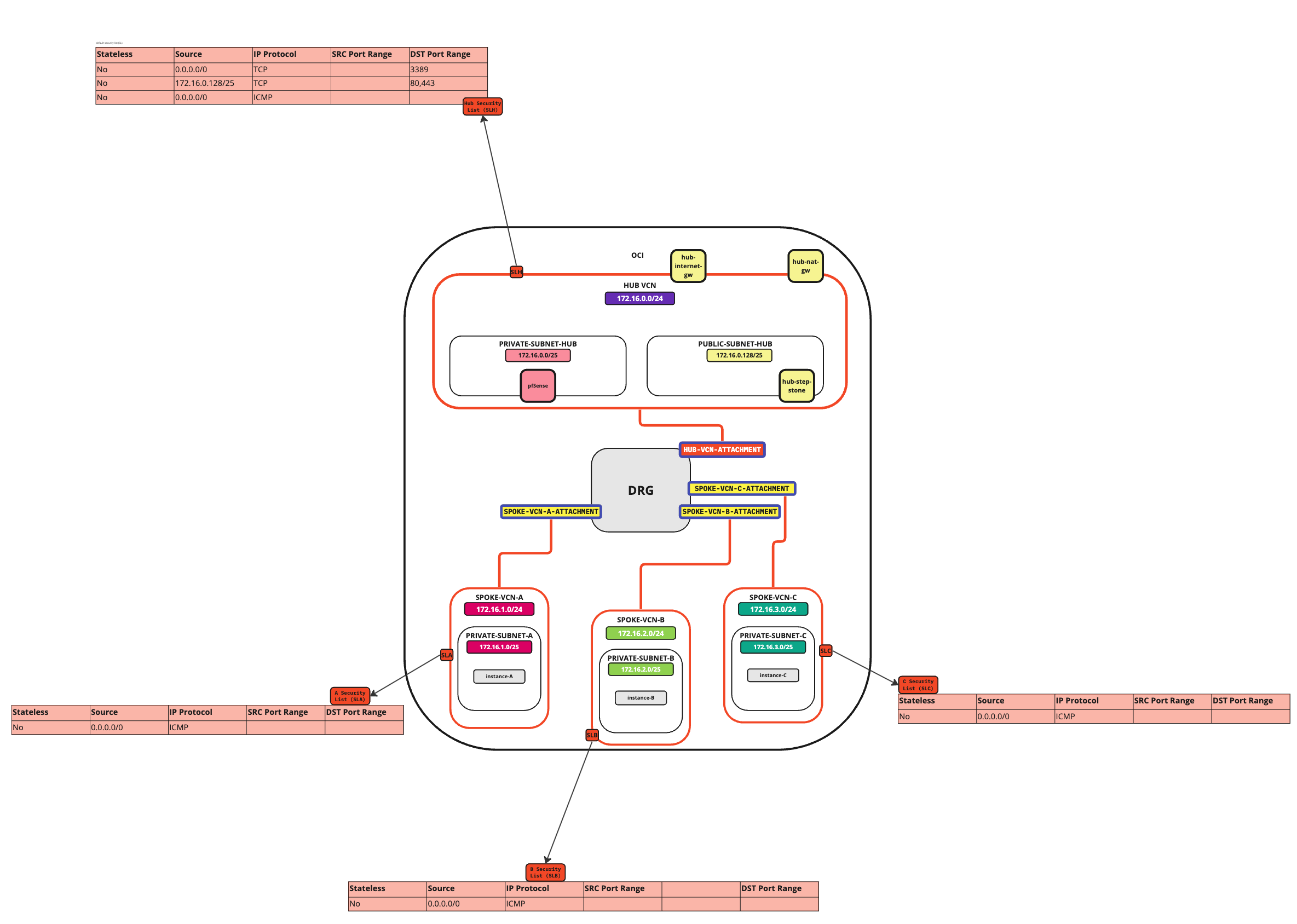

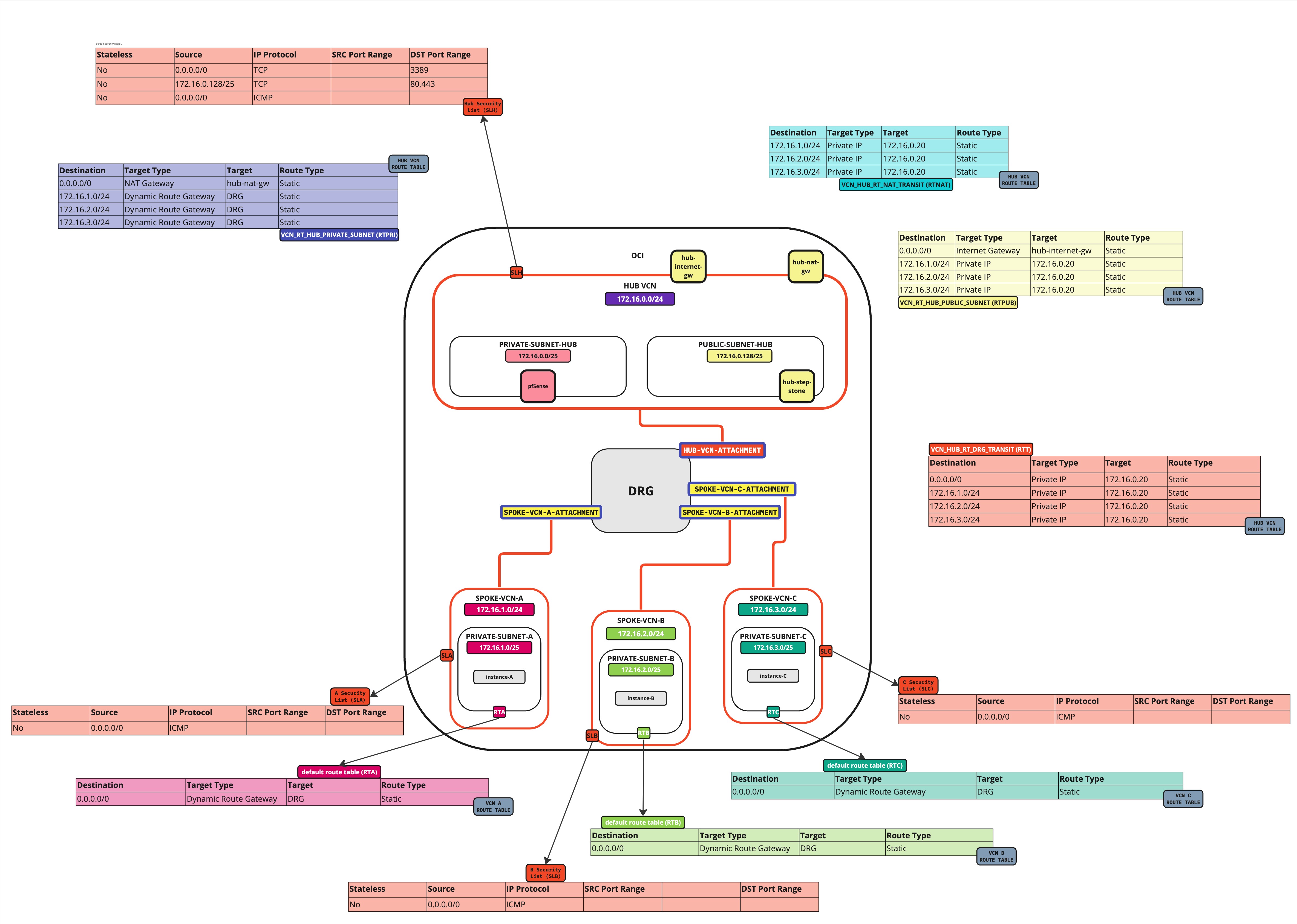

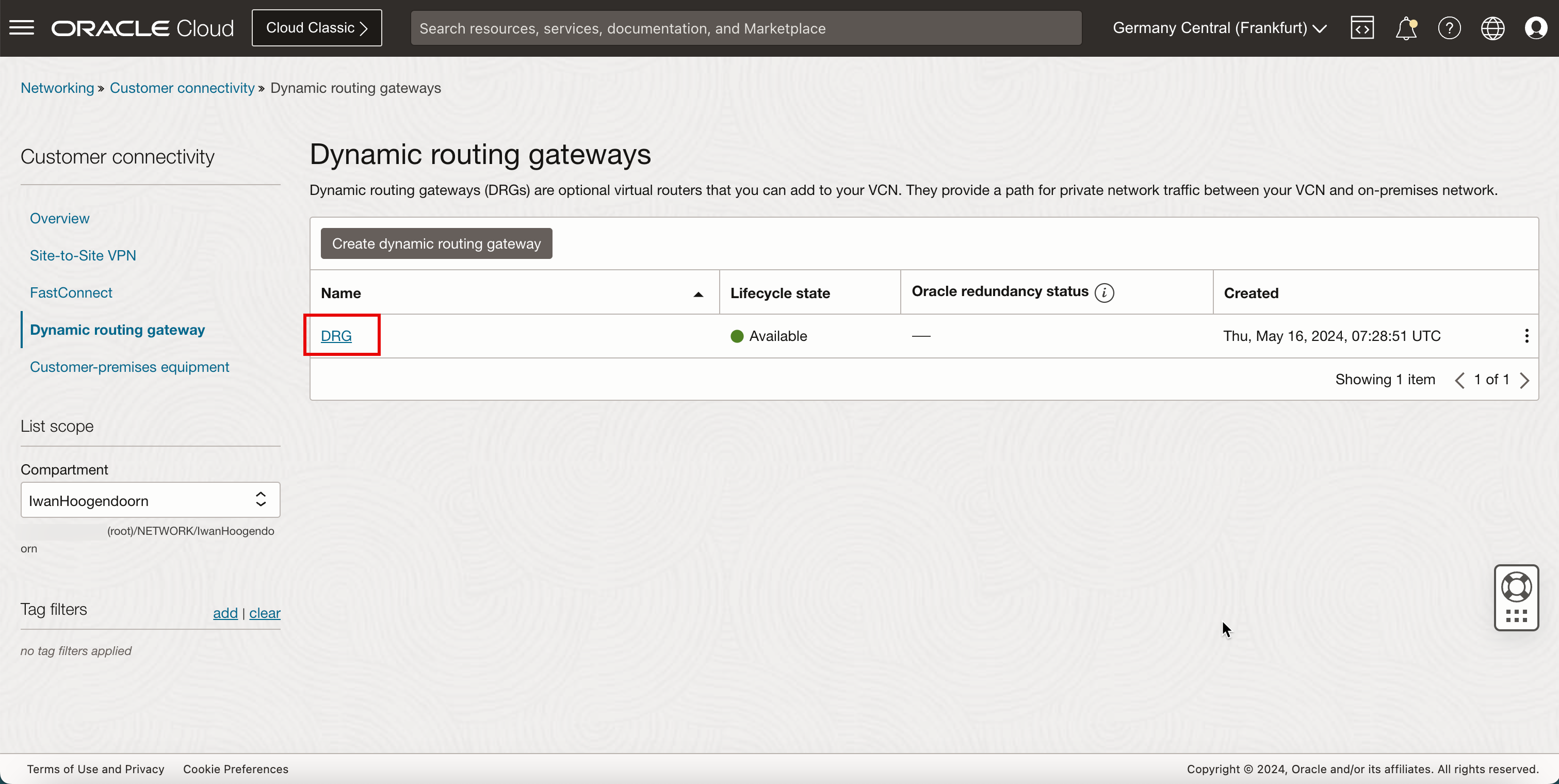

동적 라우팅 게이트웨이(DRG)를 생성합니다.

- 왼쪽 상단 코너에서 햄버거 메뉴 (≡) 아이콘을 클릭하십시오.

- 네트워킹을 누릅니다.

- 동적 경로 지정 게이트웨이를 누릅니다.

-

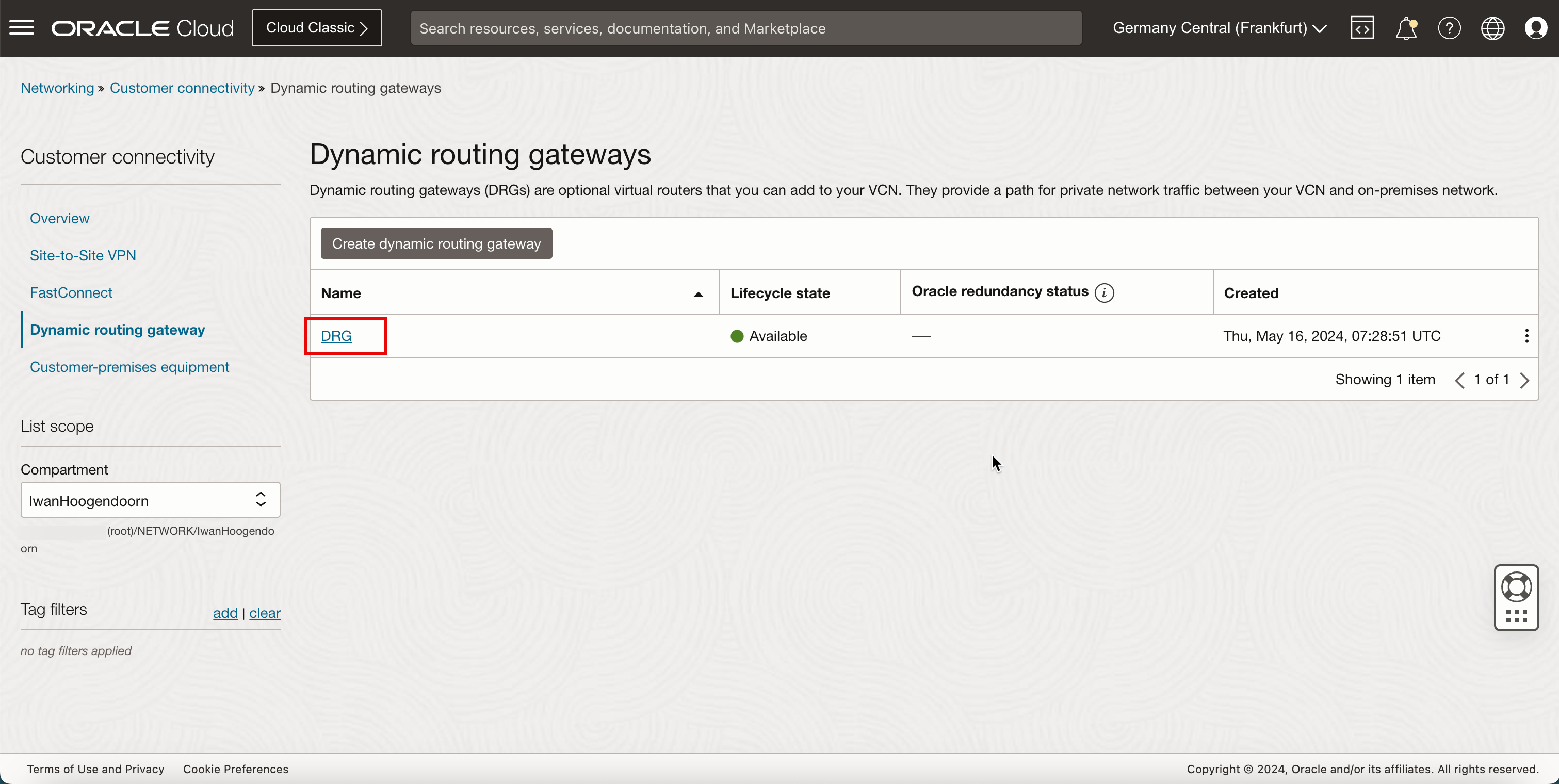

Create dynamic routing gateway를 누릅니다.

- 동적 경로 지정 게이트웨이의 이름을 입력합니다.

- Create dynamic routing gateway를 누릅니다.

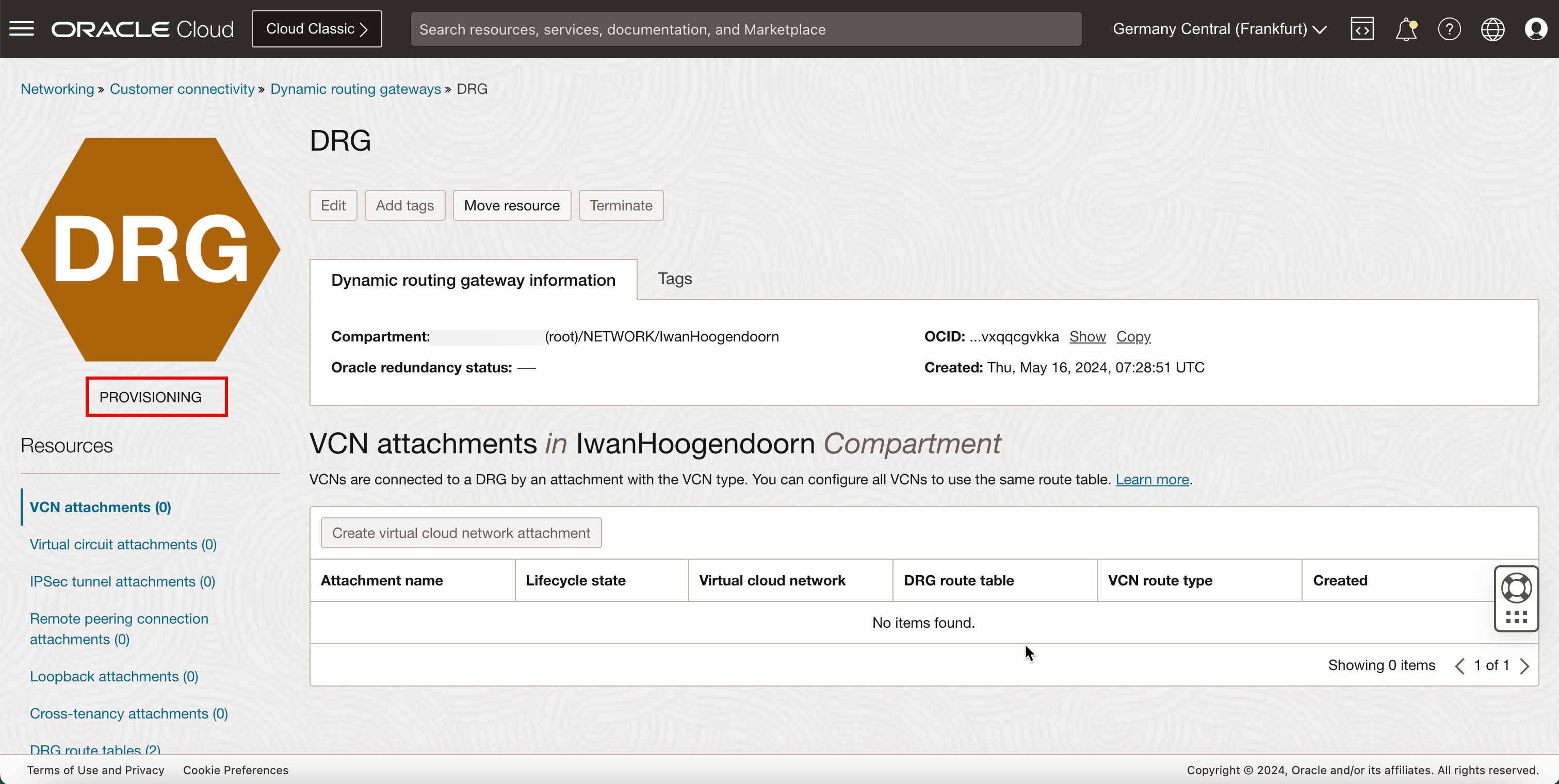

- 상태가 PROVISIONING입니다.

-

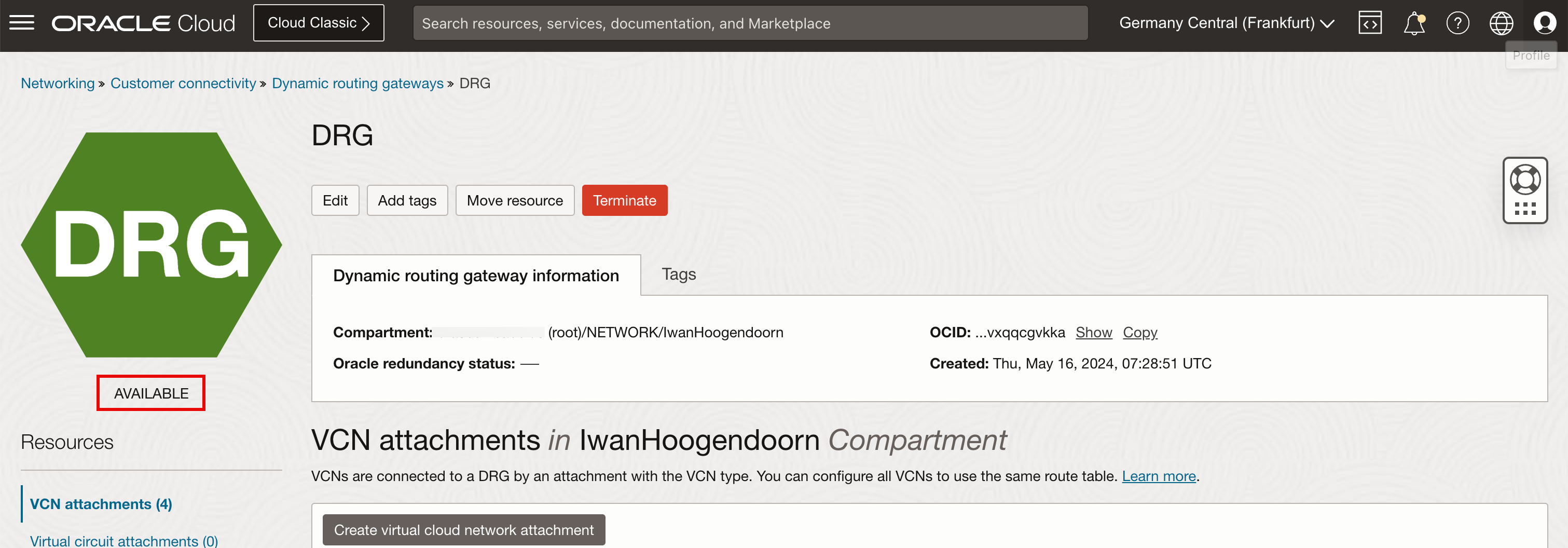

상태가 AVAILABLE로 변경됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 4: 모든 VCN 내의 다른 서브넷에 연결된 인스턴스 추가

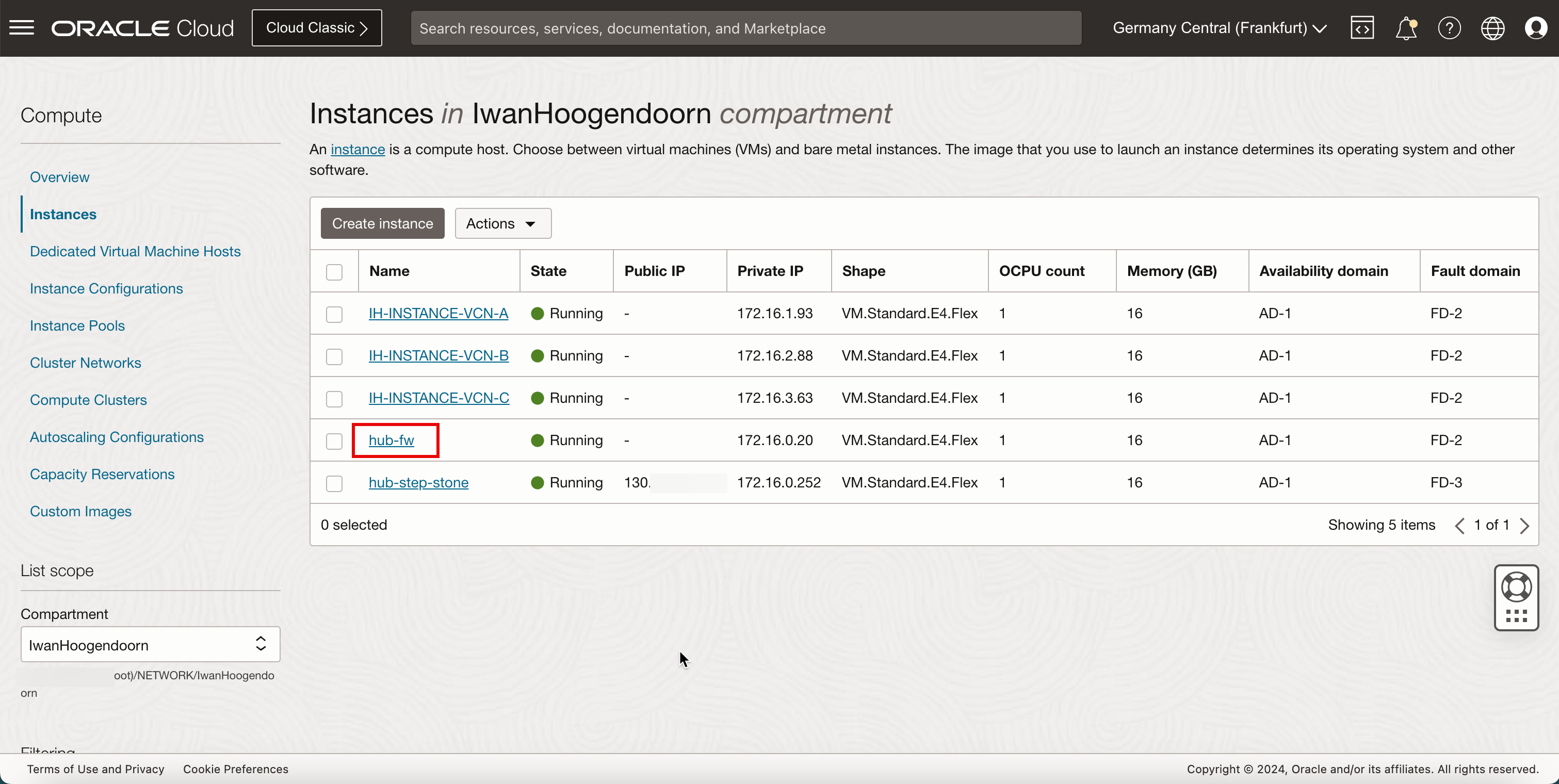

경로 지정 플로우를 테스트할 수 있도록 모든 VCN에 다양한 OCI 컴퓨트 인스턴스를 추가합니다.

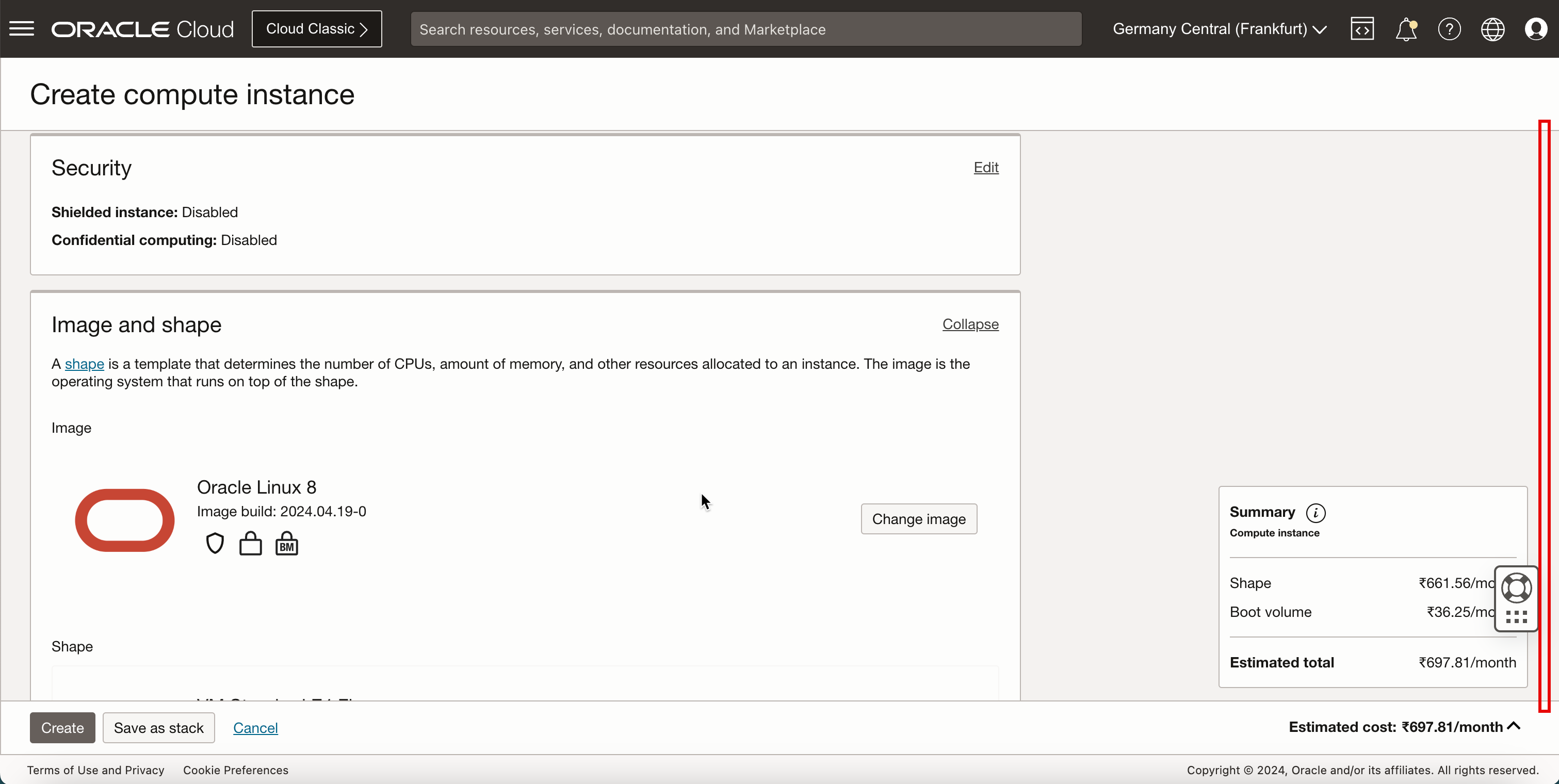

허브 VCN에서 인스턴스 생성

허브 VCN에서 두 가지 주요 기능을 포함하는 Windows 컴퓨트 인스턴스를 생성합니다.

-

Windows 인스턴스는 OCI 환경 내의 다른 인스턴스에 액세스하기 위한 스텝스톤 머신 역할을 합니다.

-

Windows 인스턴스는 경로 지정 플로우 테스트에 사용할 수 있는 네트워크 끝점이기도 합니다.

단계 스톤으로 Windows 인스턴스

OCI 환경 내에서 스테핑 스톤 역할을 할 수 있는 Windows 인스턴스(허브 단계 스톤)를 생성하려면 Oracle Cloud Infrastructure에서 Windows 인스턴스 배치를 사용합니다.

주: 자습서를 계속하기 전에 Windows 스테핑 스톤 인스턴스(hub-step-stone)를 생성하십시오.

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

허브 VCN 스포크 VCN A에서 인스턴스 생성

스포크 VCN A에서는 라우팅 플로우를 테스트하는 데 사용할 수 있는 네트워크 엔드포인트 역할을 하는 간단한 Linux 인스턴스를 생성합니다.

클라이언트 인스턴스 스포크

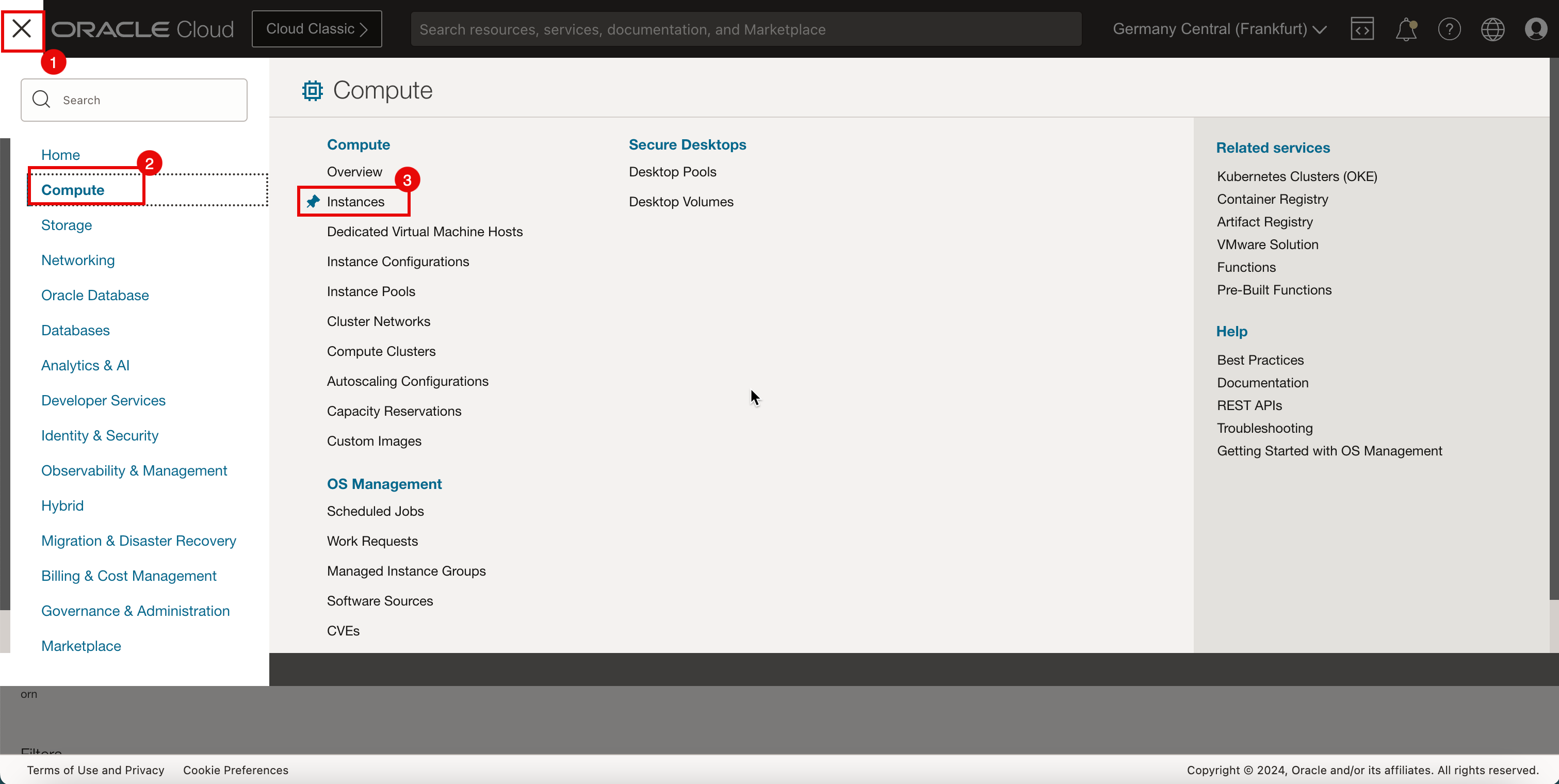

-

인스턴스 생성.

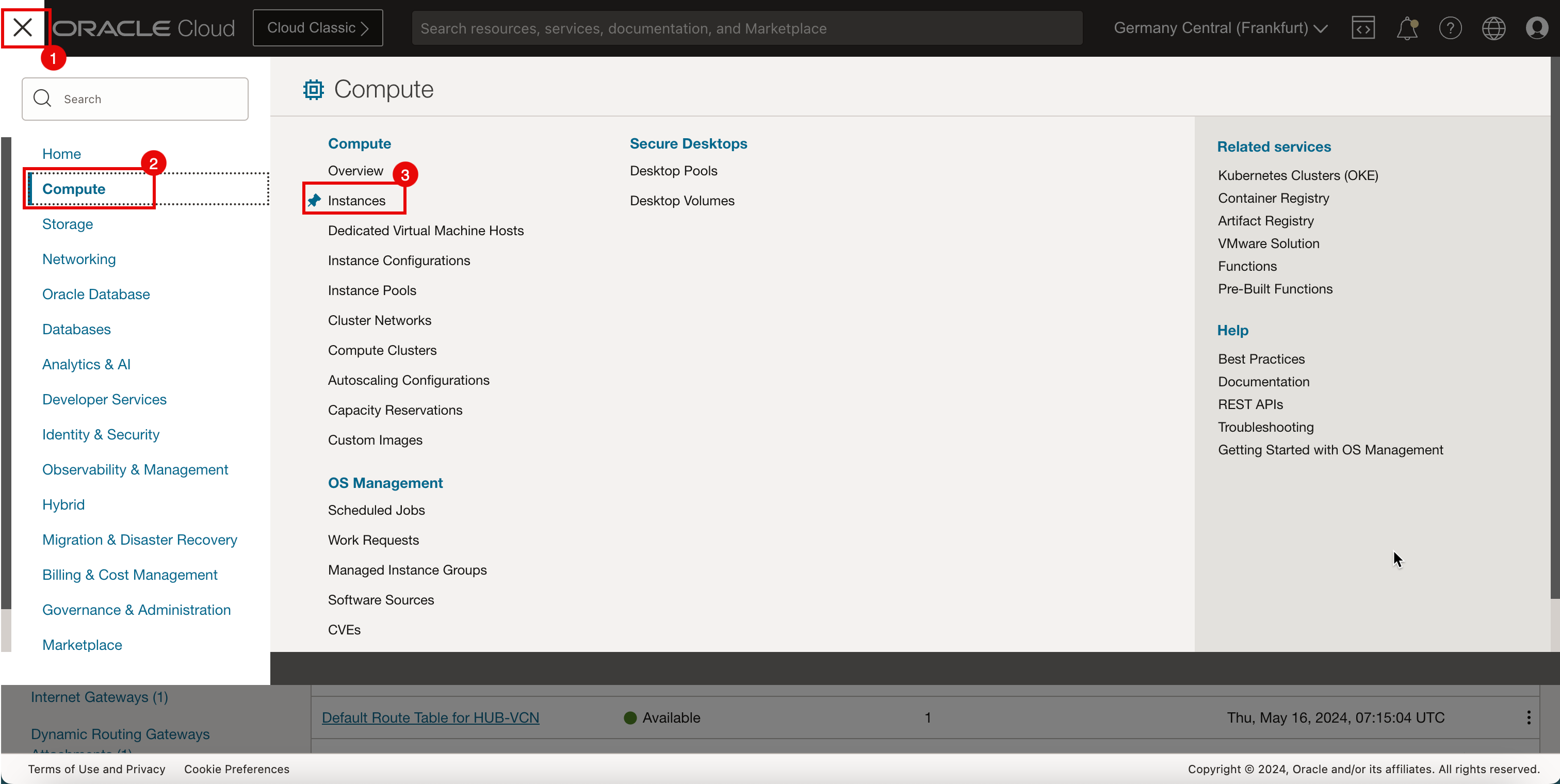

- 왼쪽 상단 코너에서 햄버거 메뉴 (≡) 아이콘을 클릭하십시오.

- 계산을 누릅니다.

- 인스턴스를 누릅니다.

-

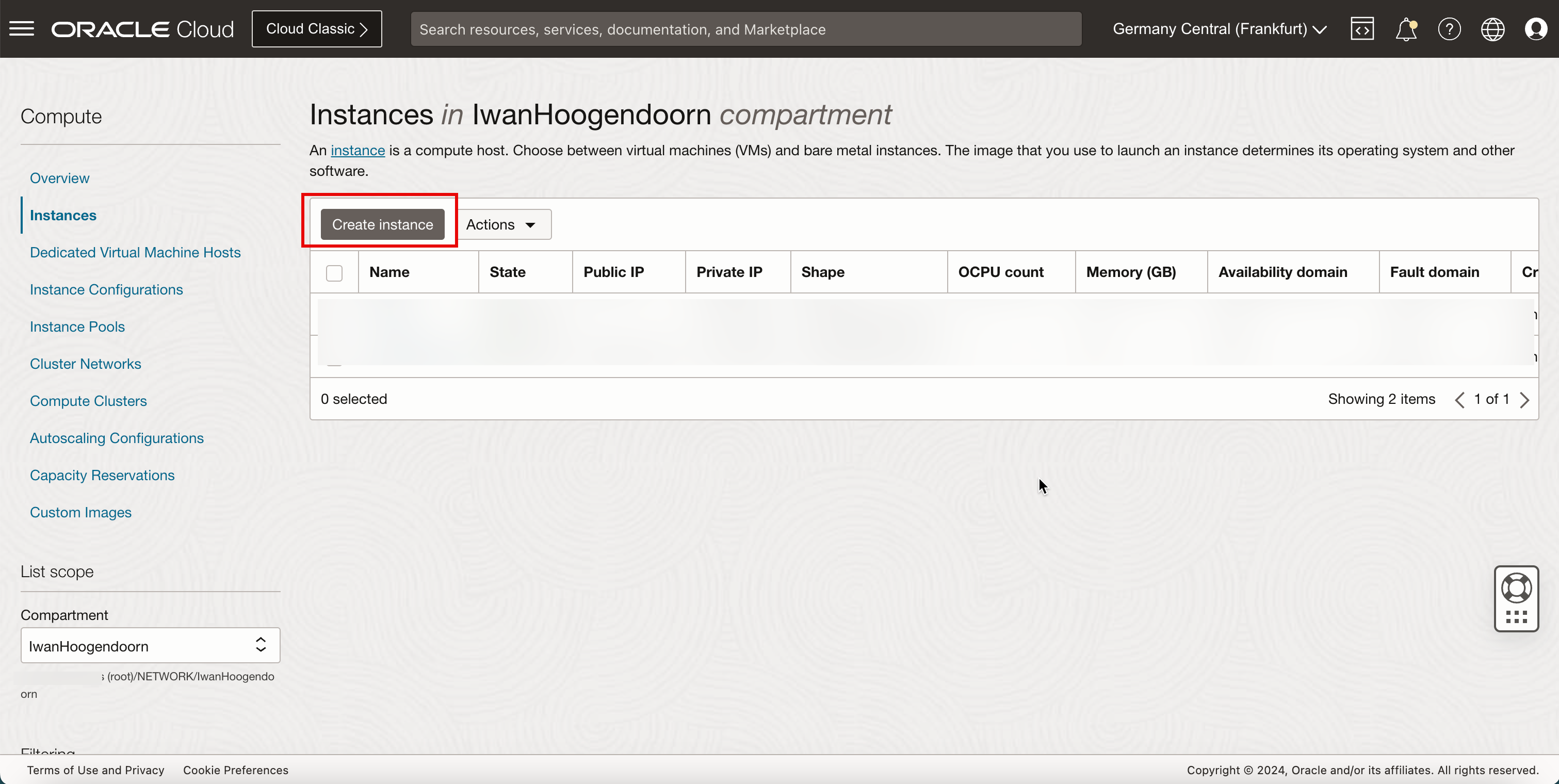

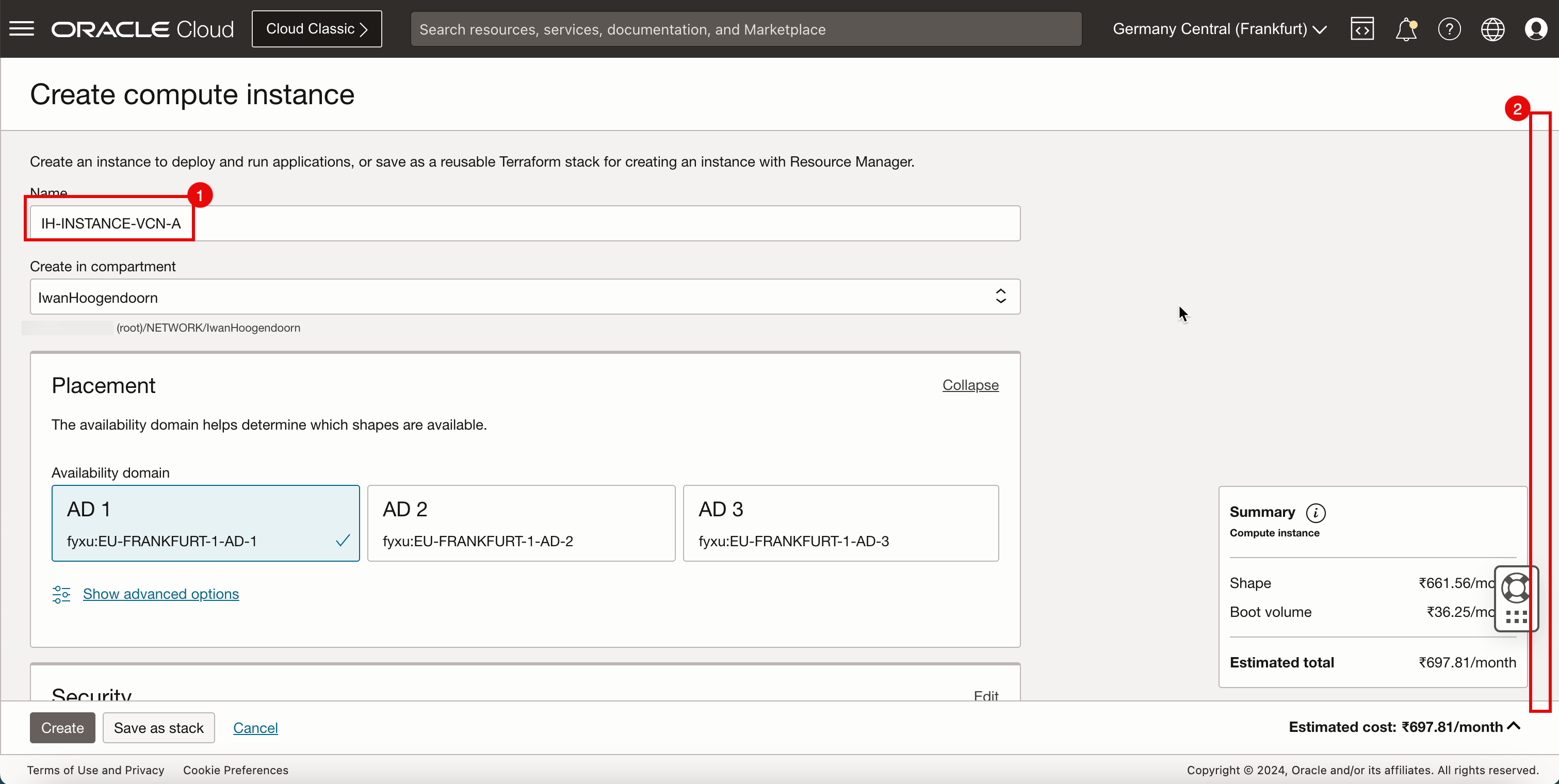

인스턴스 생성을 누릅니다.

- 인스턴스의 이름을 입력합니다.

- 아래로.

-

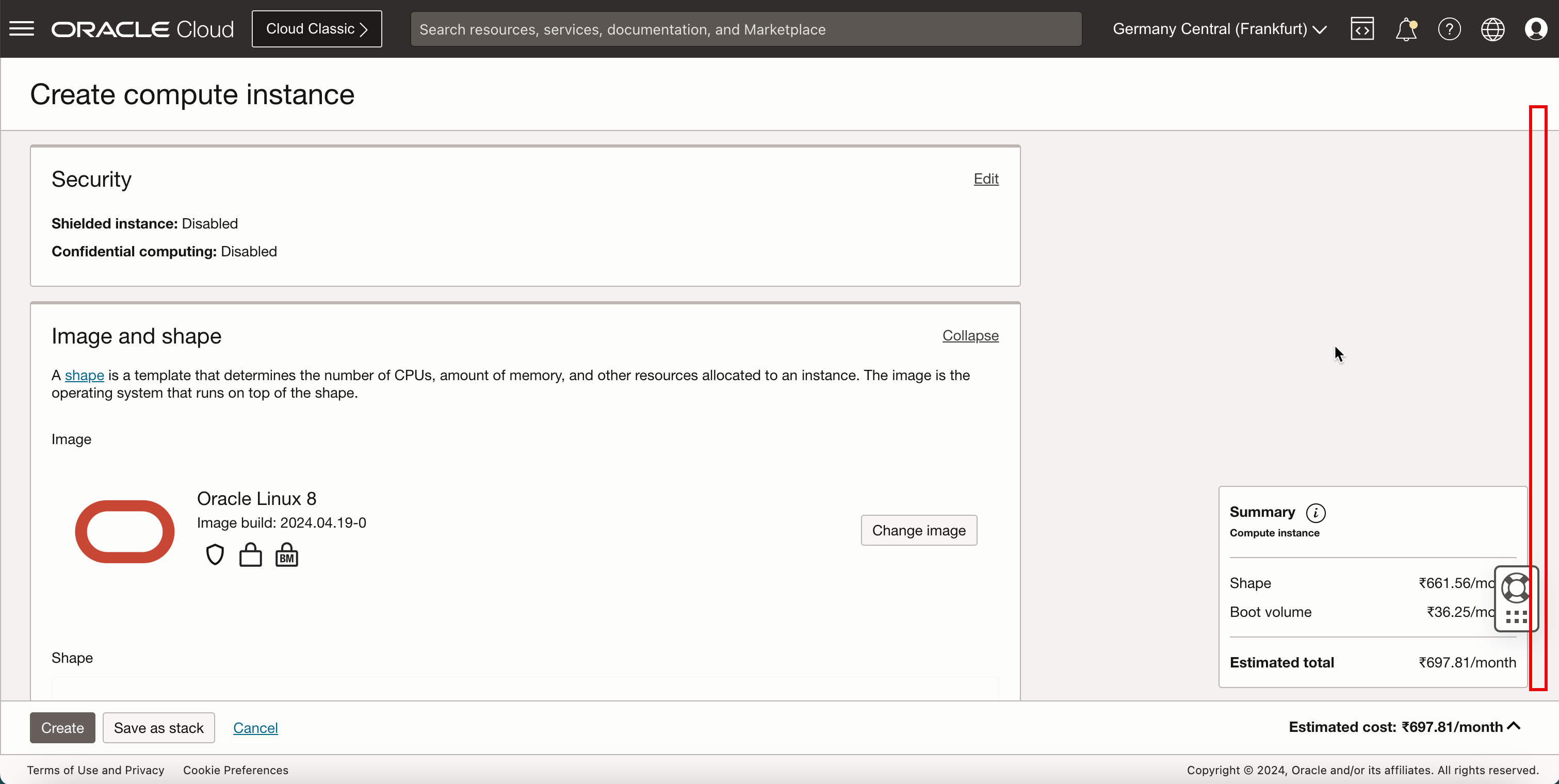

아래로.

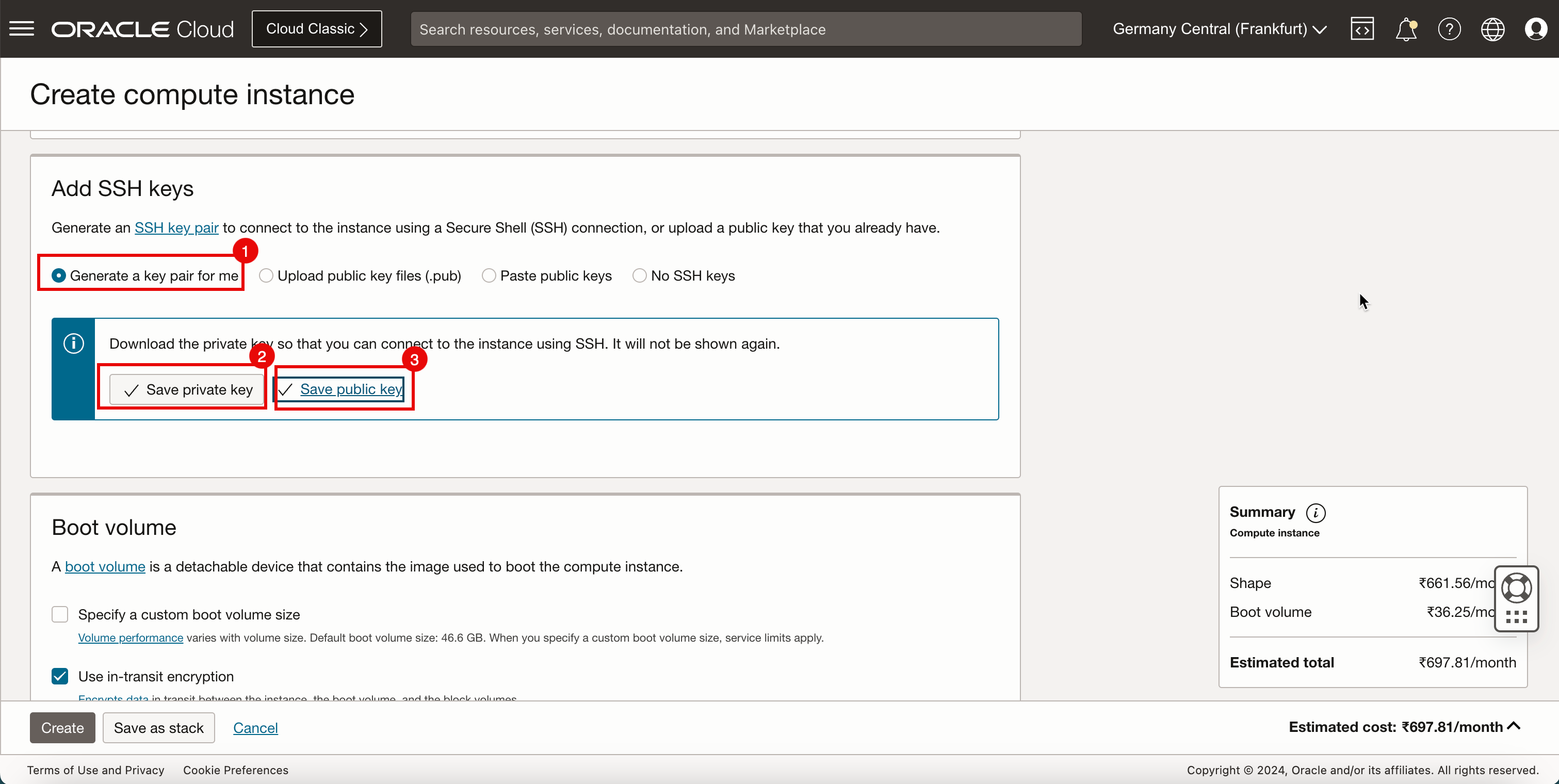

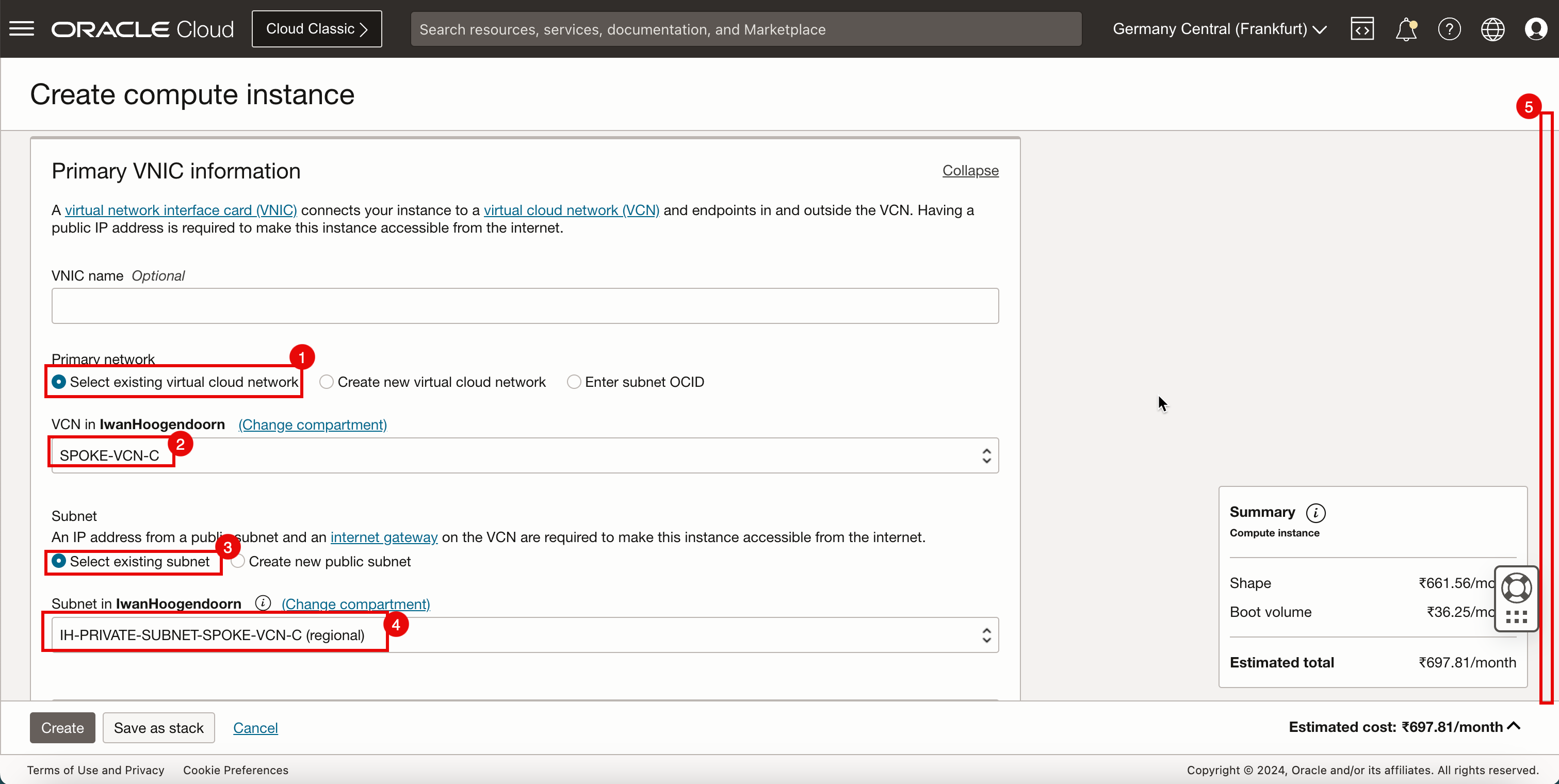

- 기본 네트워크에서 기존 가상 클라우드 네트워크 선택을 선택합니다.

- VCN에서 SPOKE-VCN-A를 선택합니다.

- 서브넷에서 기존 서브넷 선택을 선택합니다.

- 스포크 VCN A에서 전용 서브넷을 선택합니다.

- 아래로.

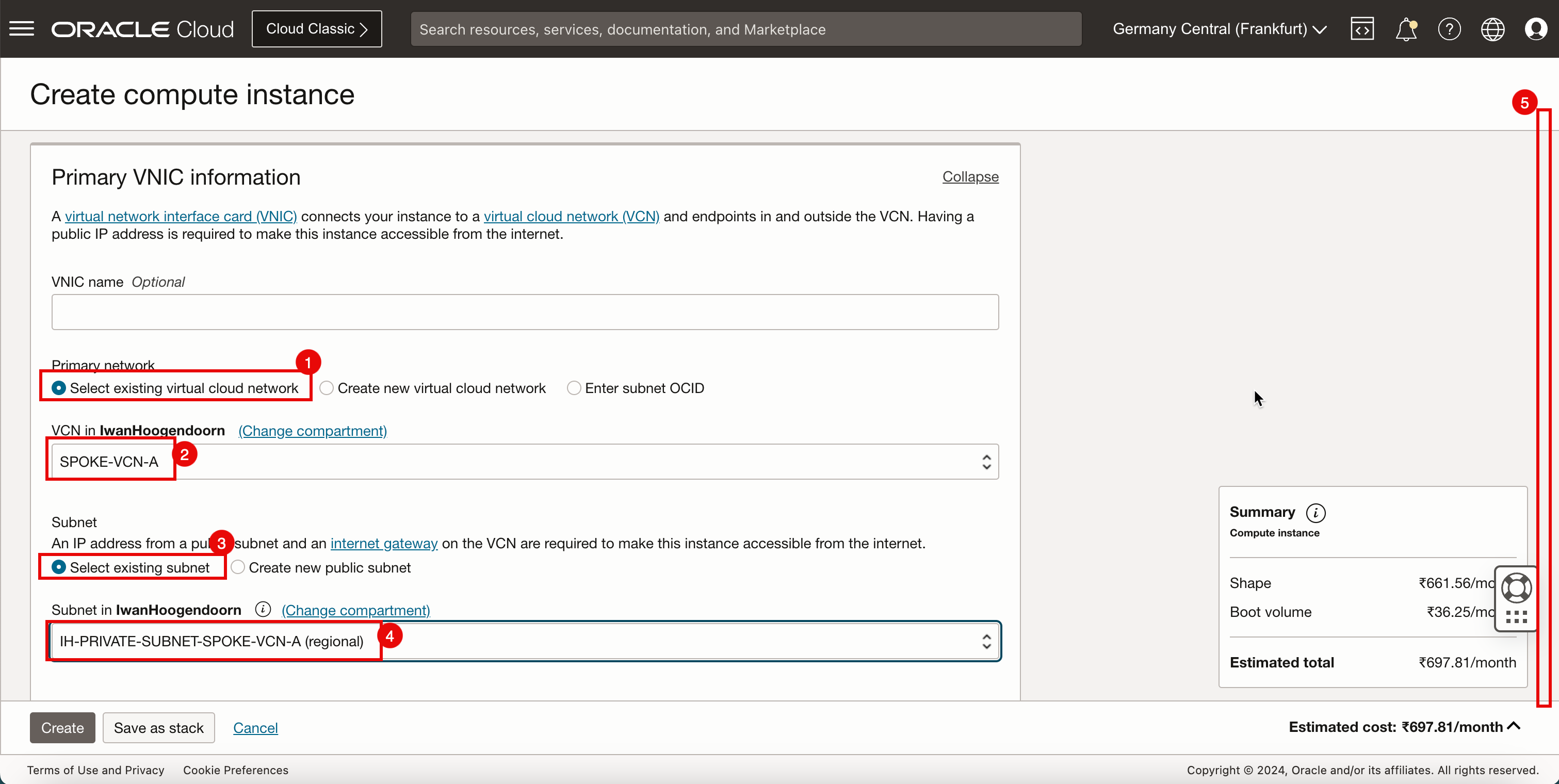

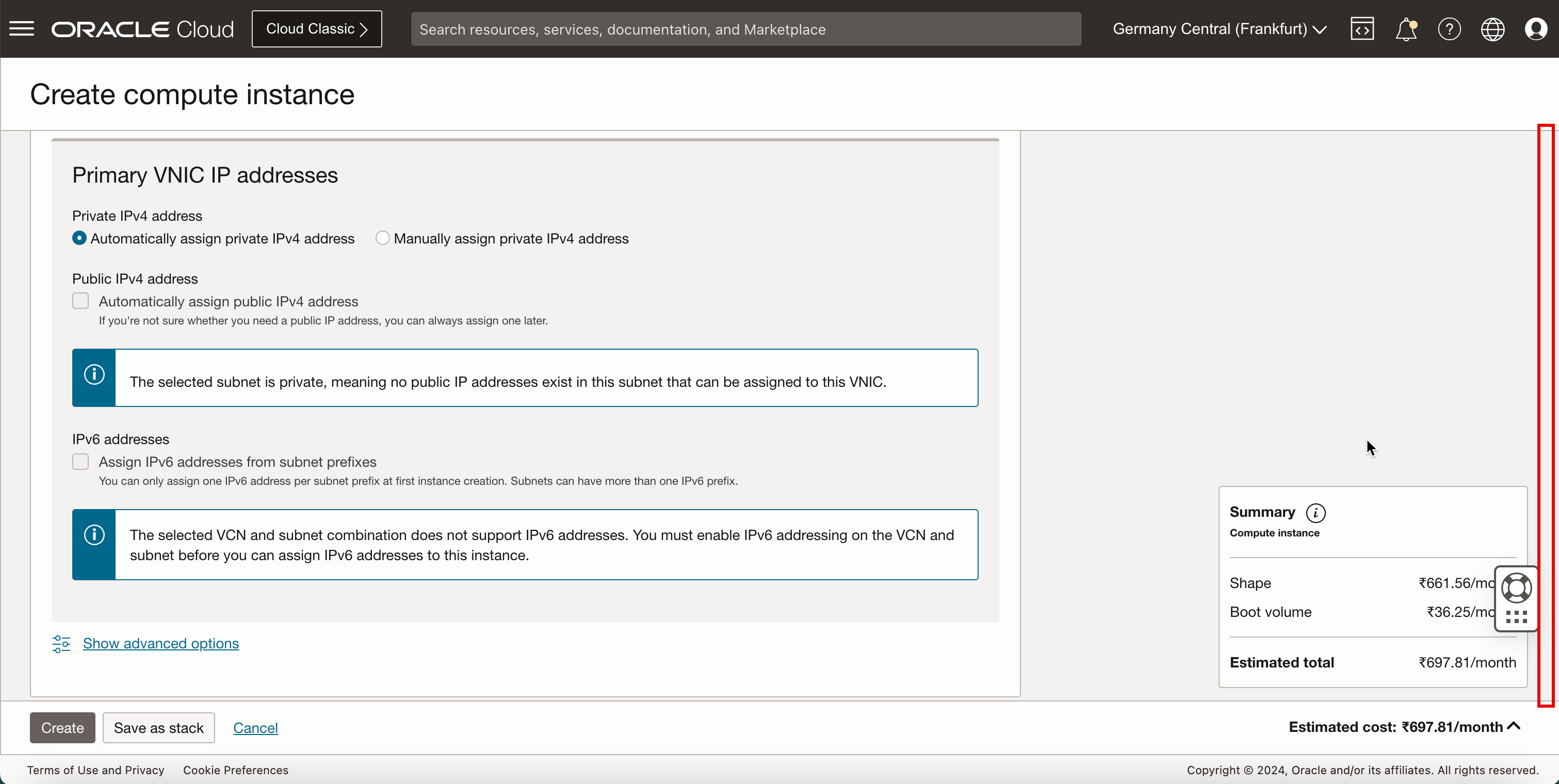

- 개인 IPv4 주소에서 자동으로 개인 IPv4 주소 지정을 선택합니다.

- 아래로.

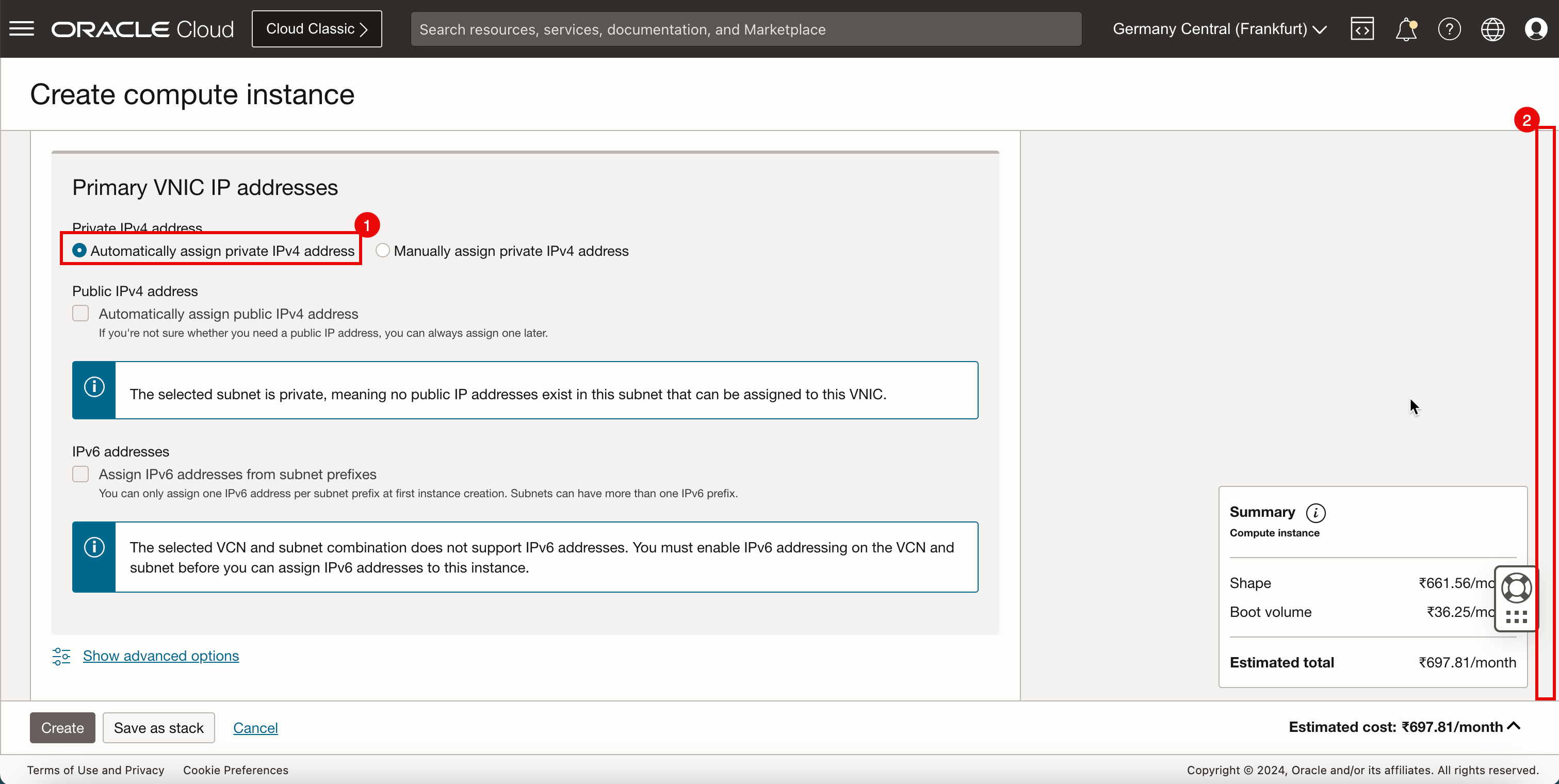

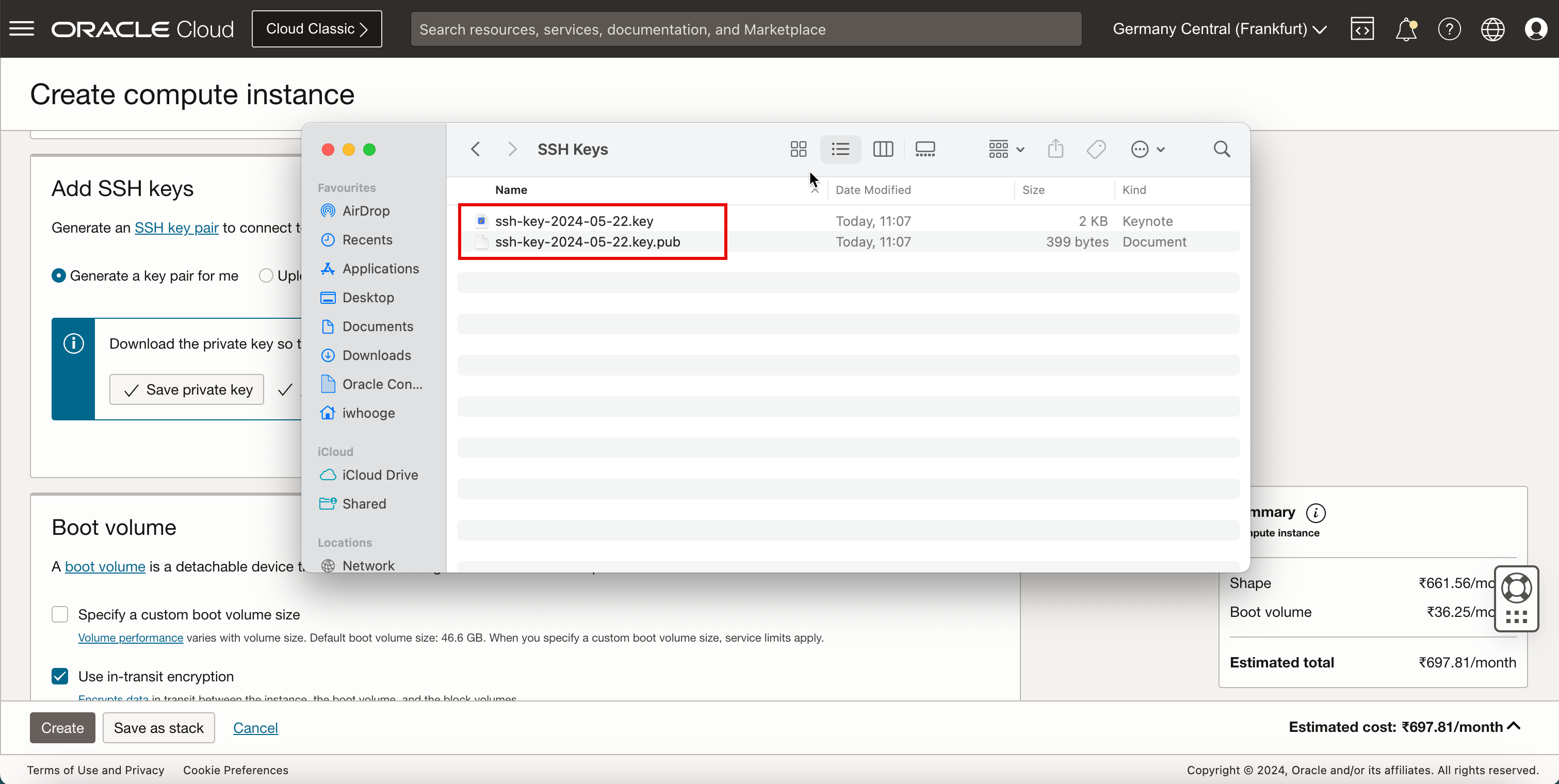

- SSH 키 추가에서 내 키 쌍 생성을 선택합니다.

- 개인 키 저장을 눌러 개인 키를 로컬에 저장합니다.

- 공용 키 저장을 눌러 공용 키를 로컬에 저장합니다.

-

키가 로컬에 저장되어 있는지 확인합니다.

주: 다른 Spoke 인스턴스에 대해 동일한 키 쌍을 사용합니다.

-

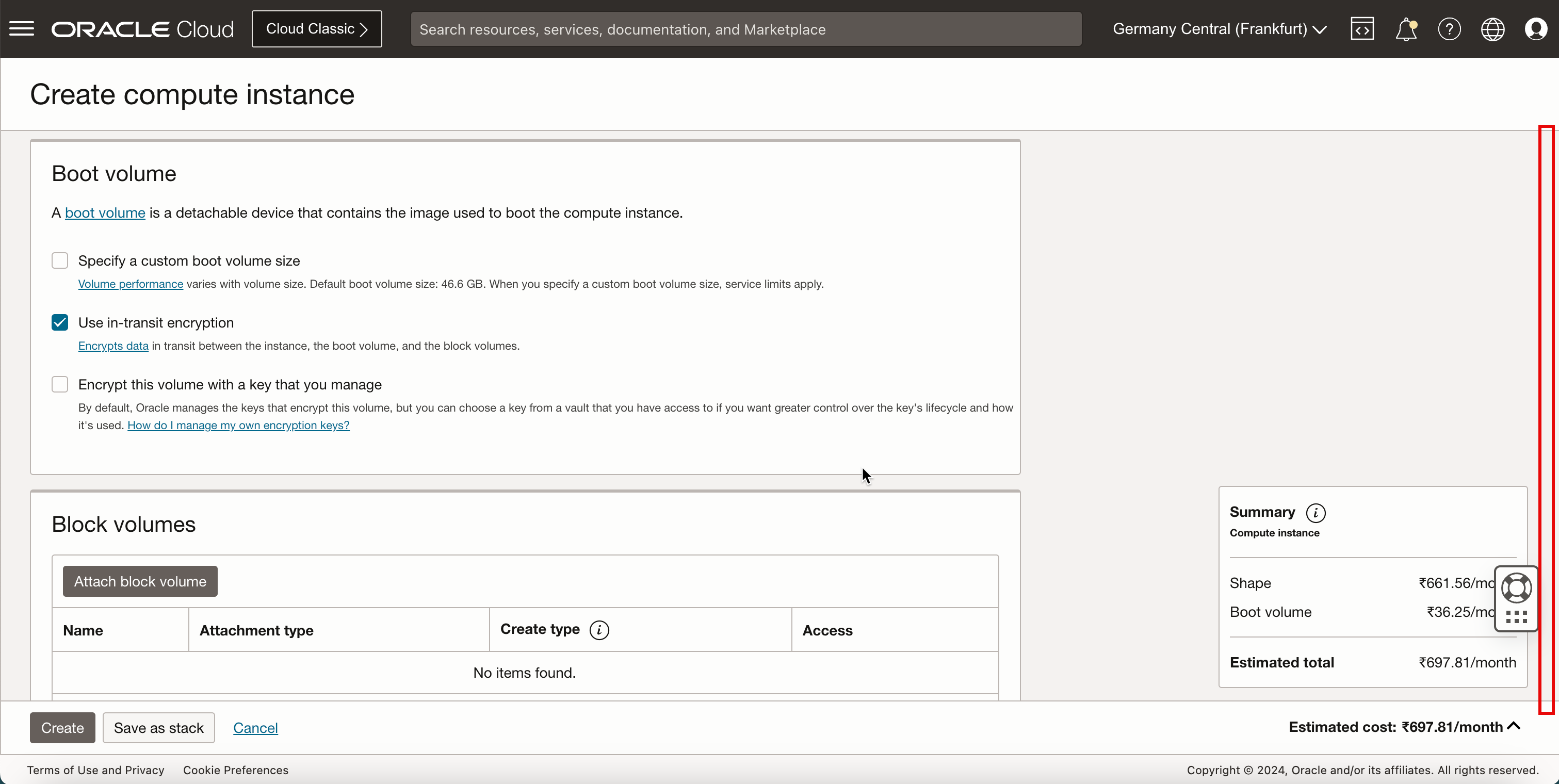

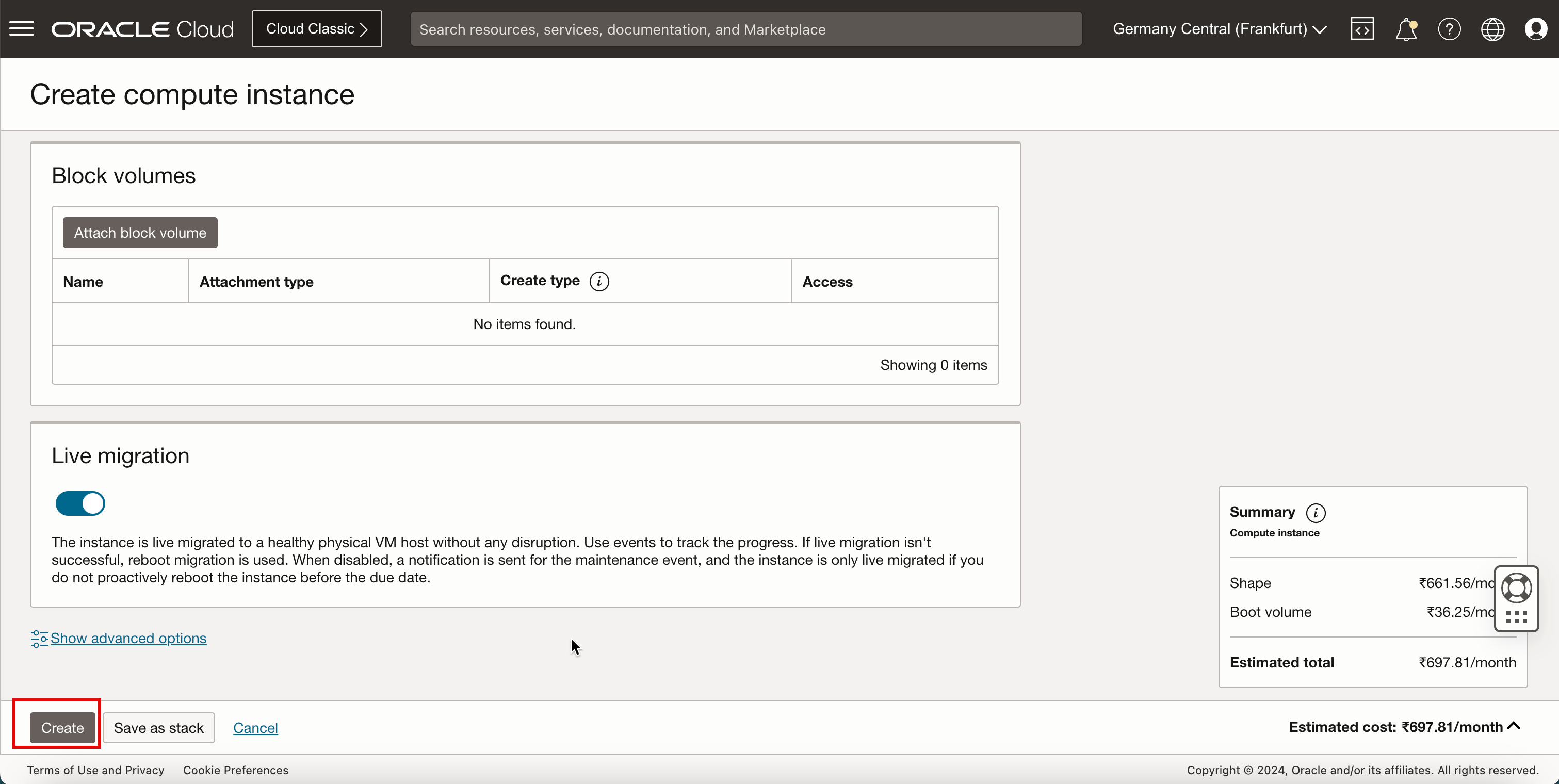

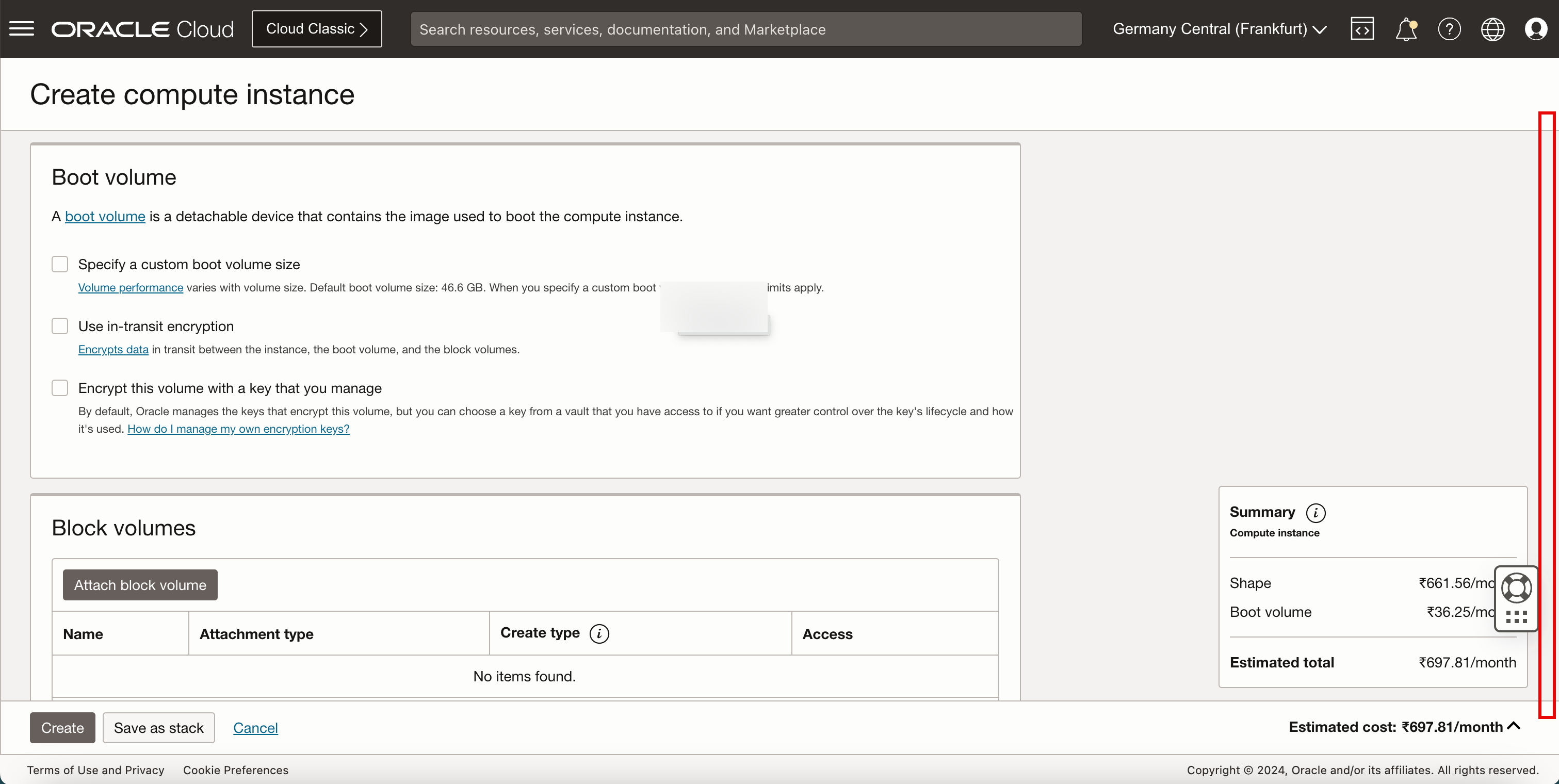

아래로.

-

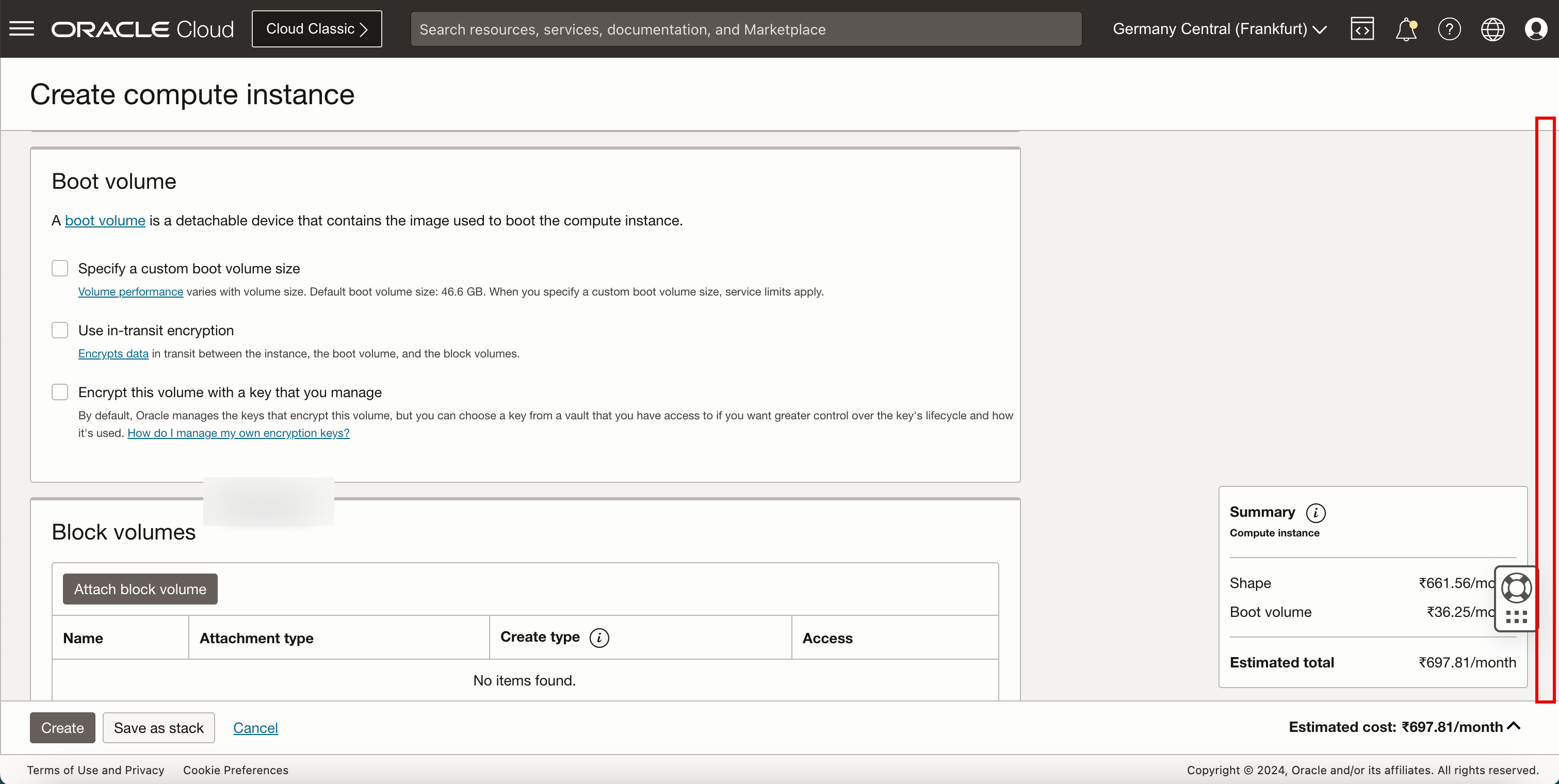

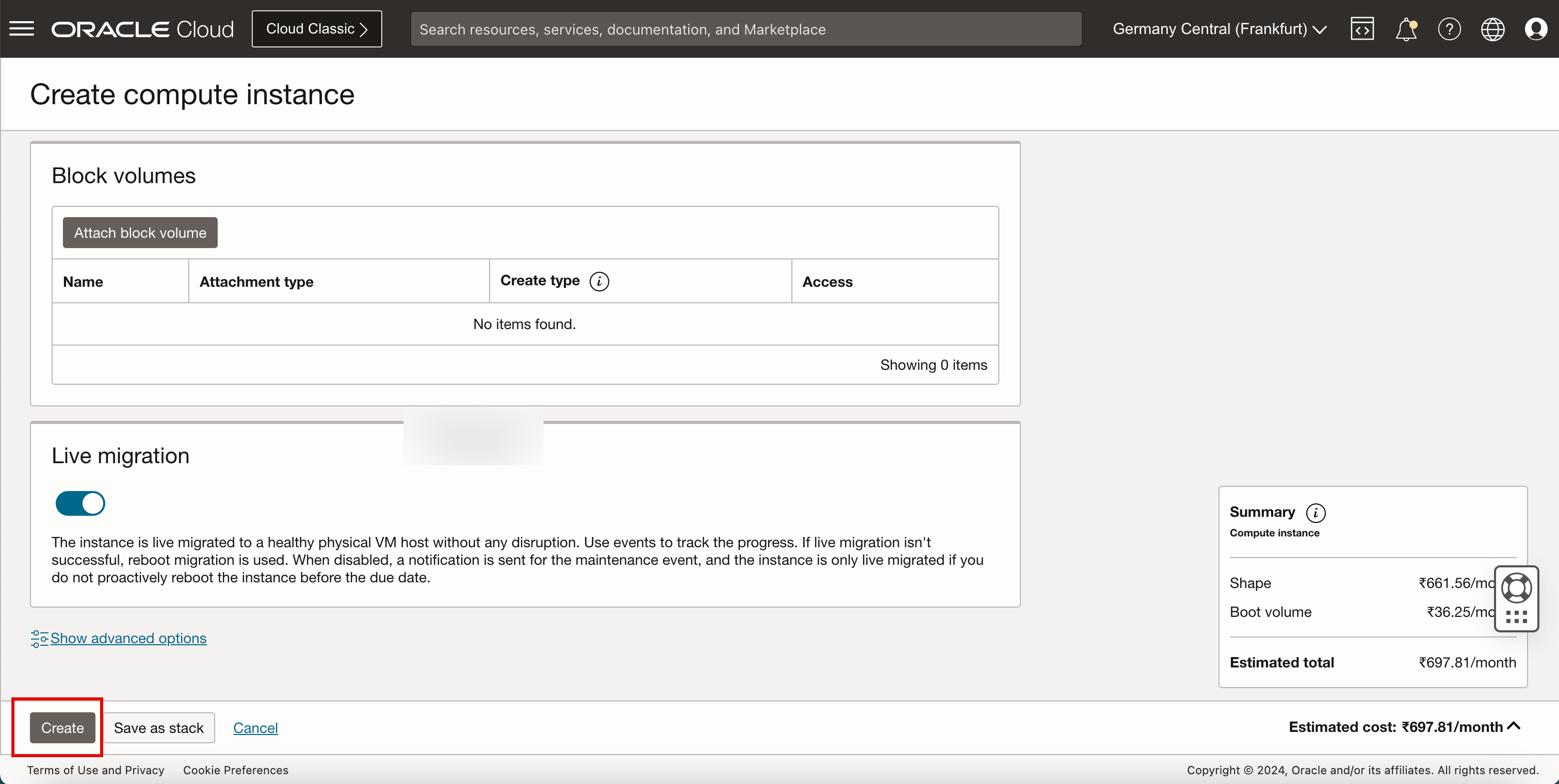

Create를 누릅니다.

-

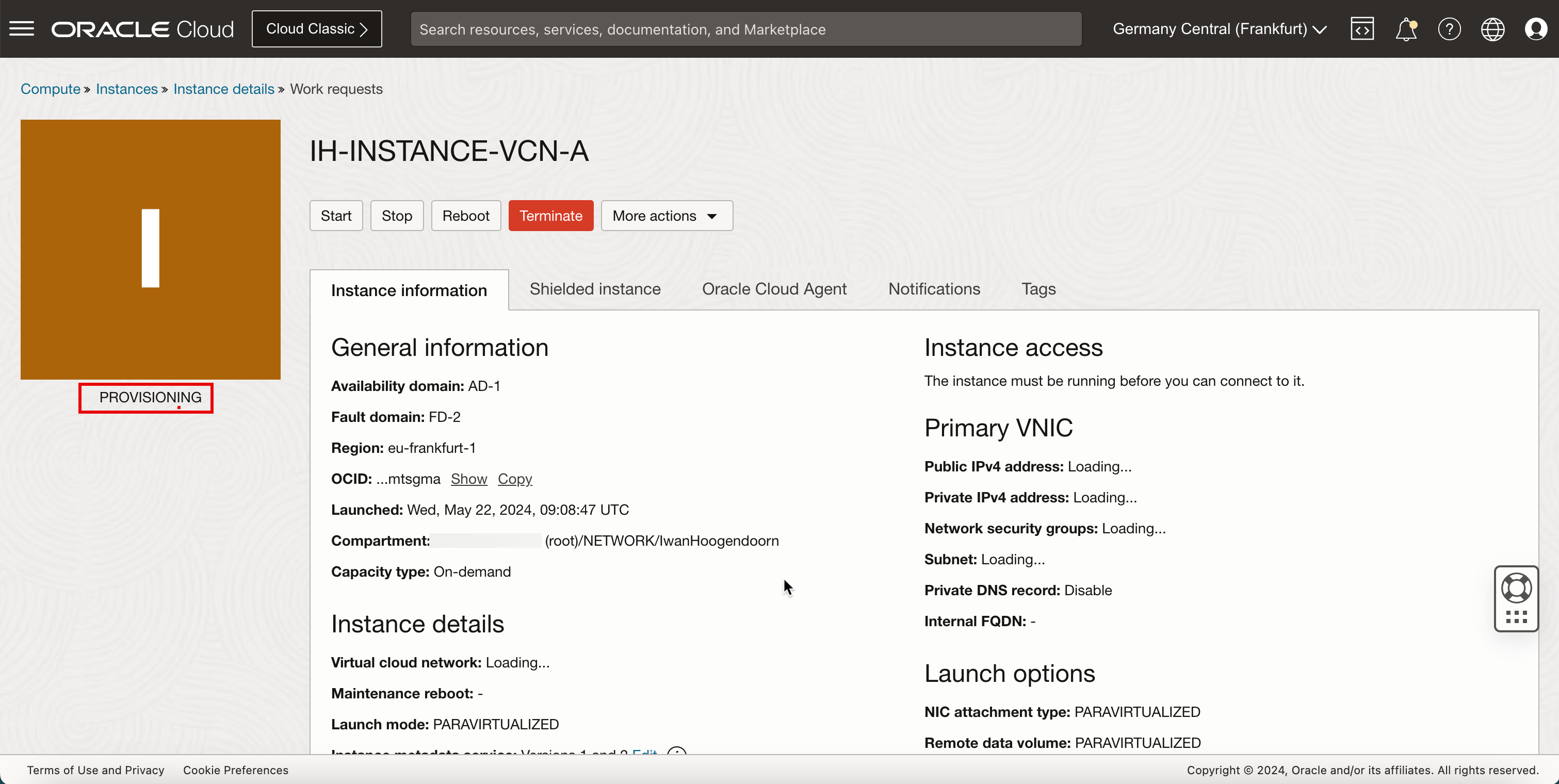

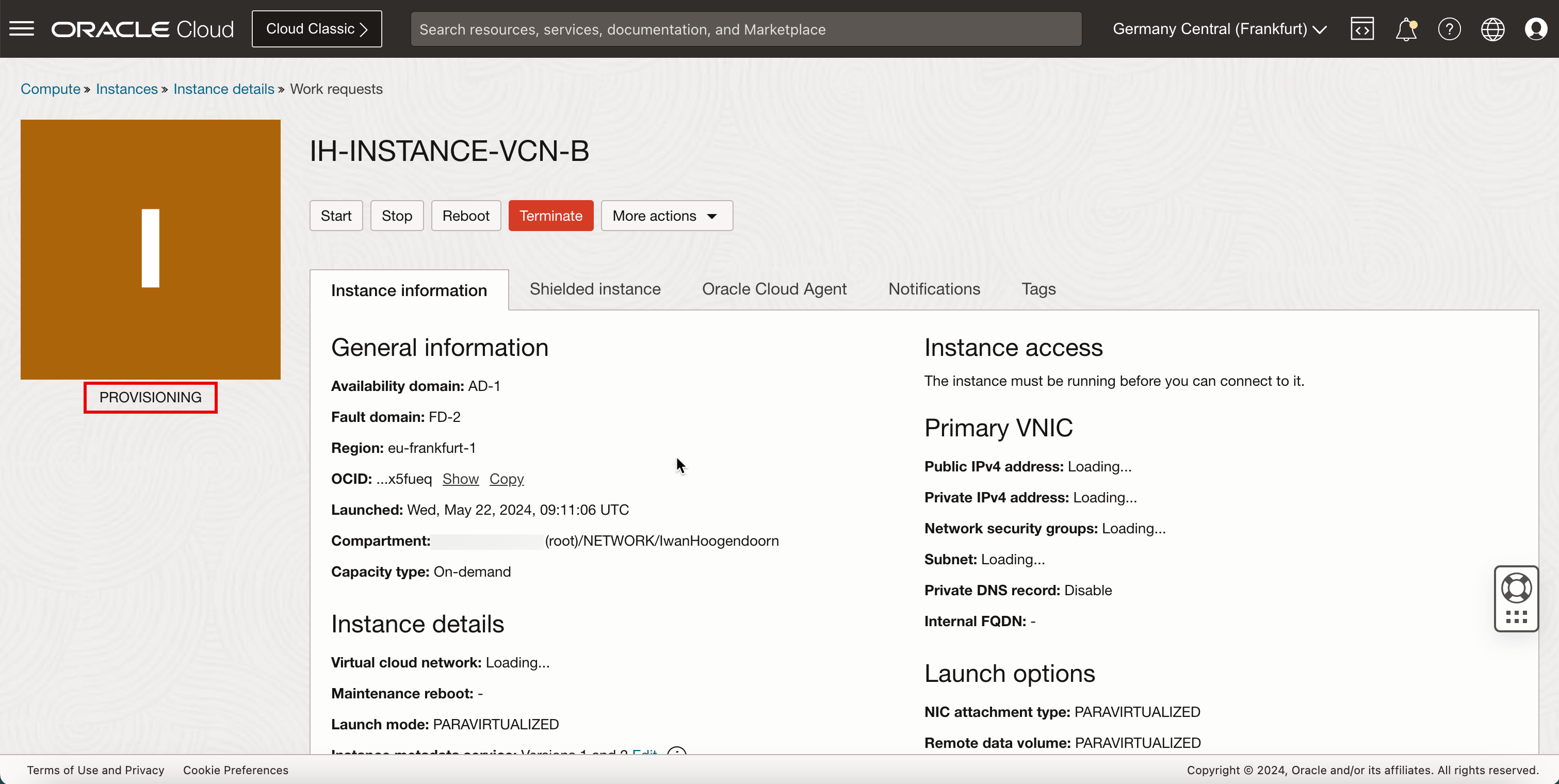

상태가 PROVISIONING입니다.

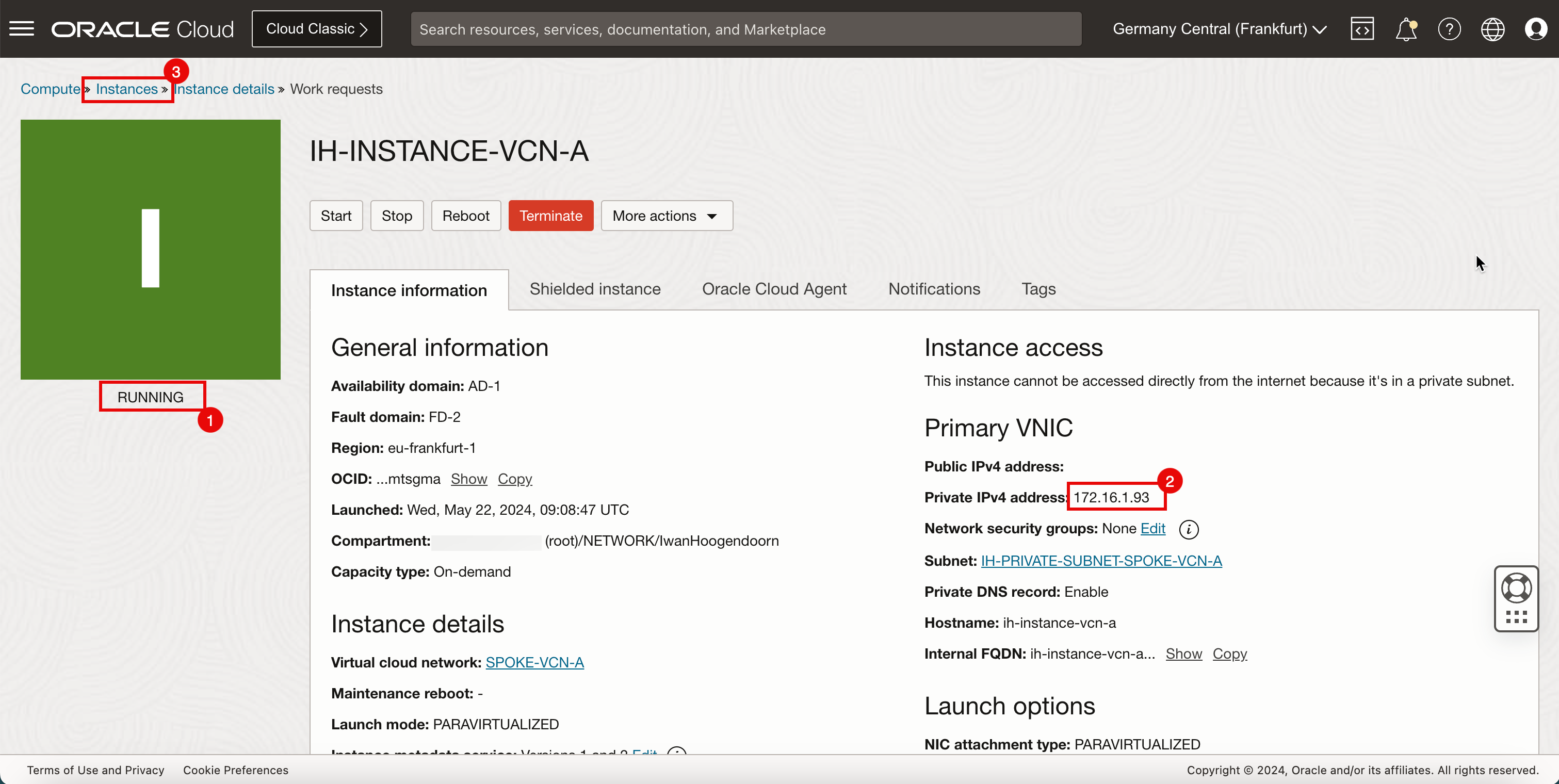

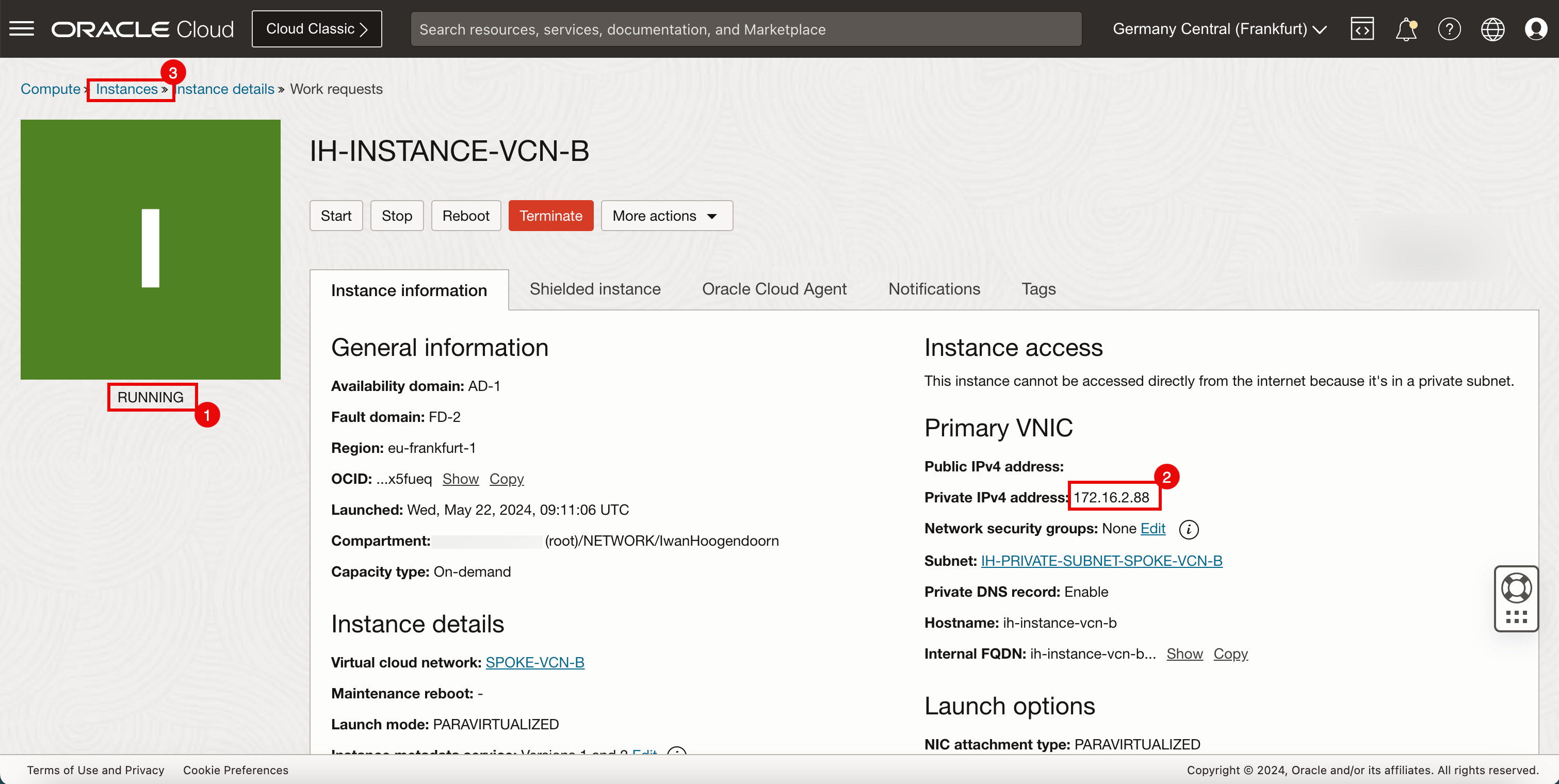

- 상태가 RUNNING으로 변경됩니다.

- 개인 IP 주소는 나중에 확인할 수 있습니다.

- 인스턴스를 눌러 인스턴스 페이지로 돌아갑니다.

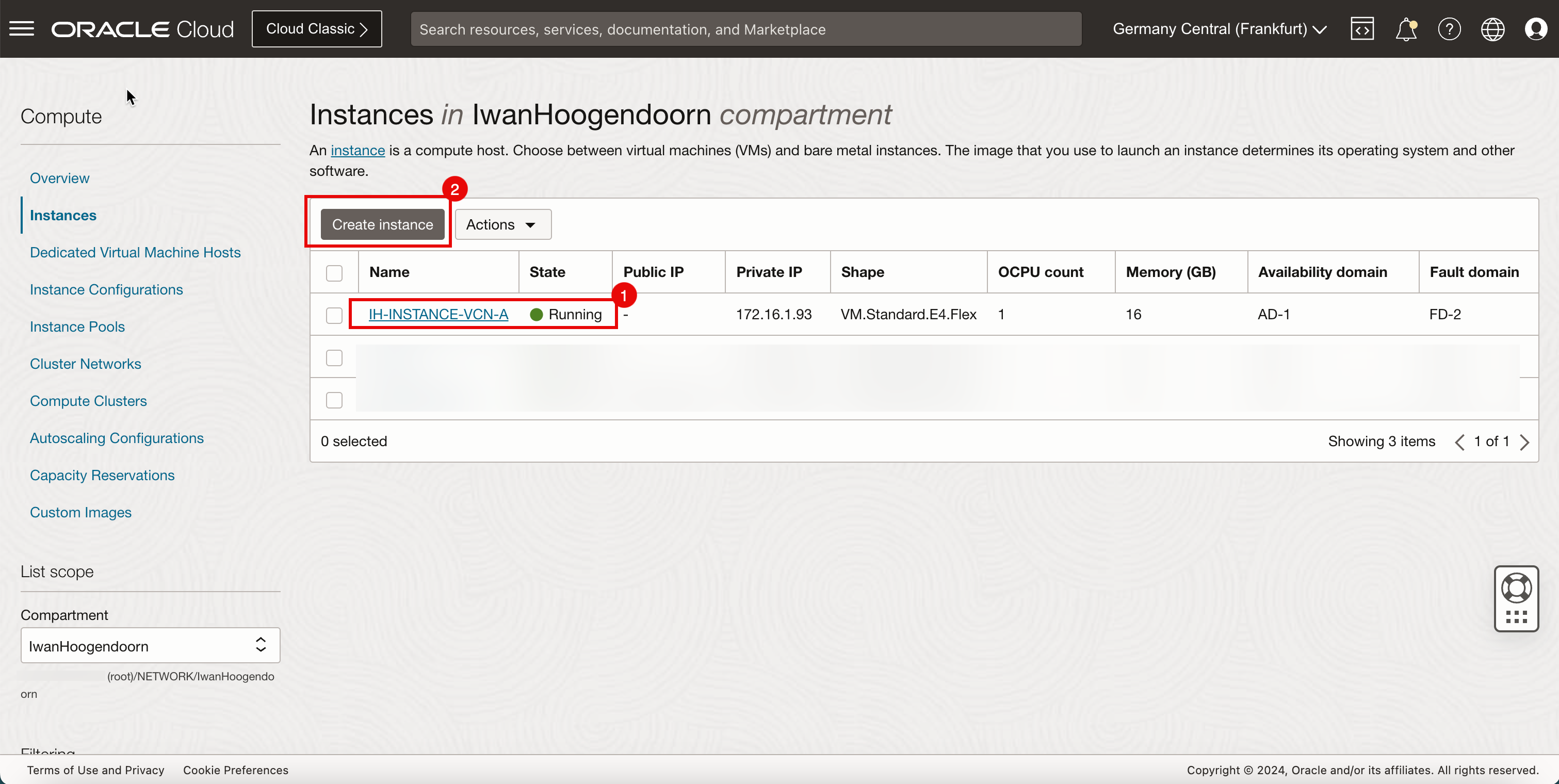

- 인스턴스 A가 실행 중인지 확인합니다.

- 인스턴스 생성을 눌러 다음 인스턴스를 생성합니다.

-

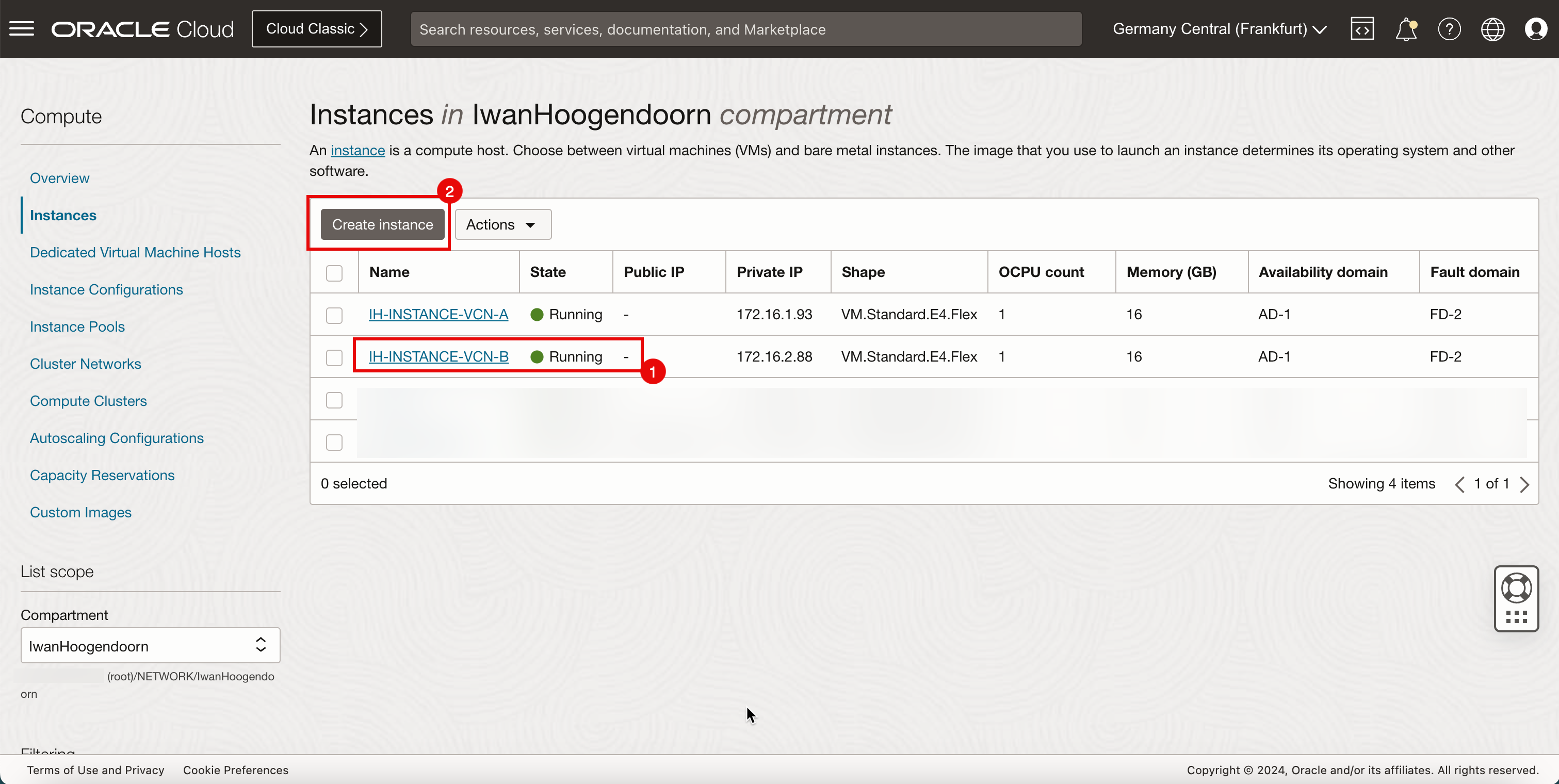

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

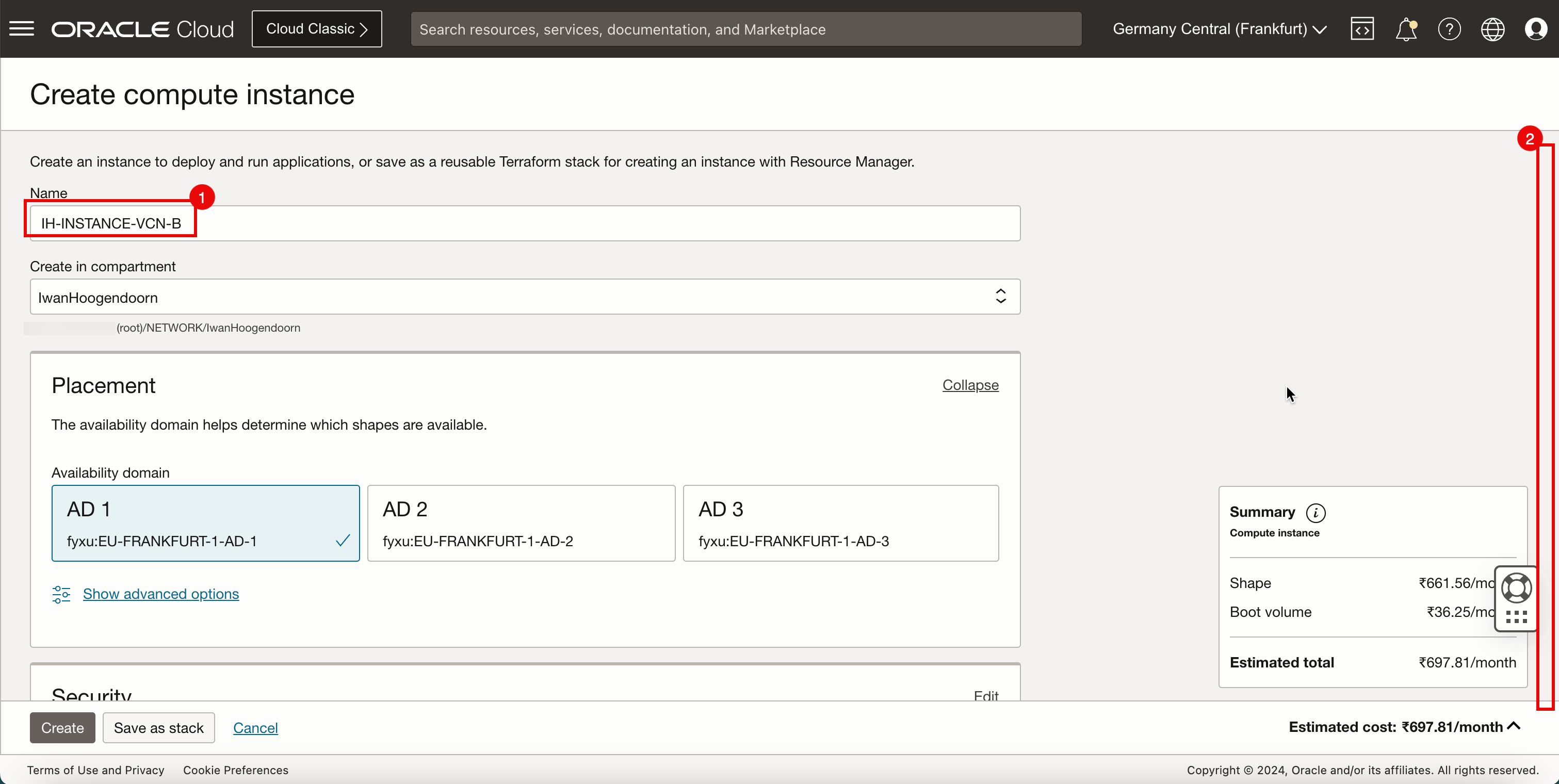

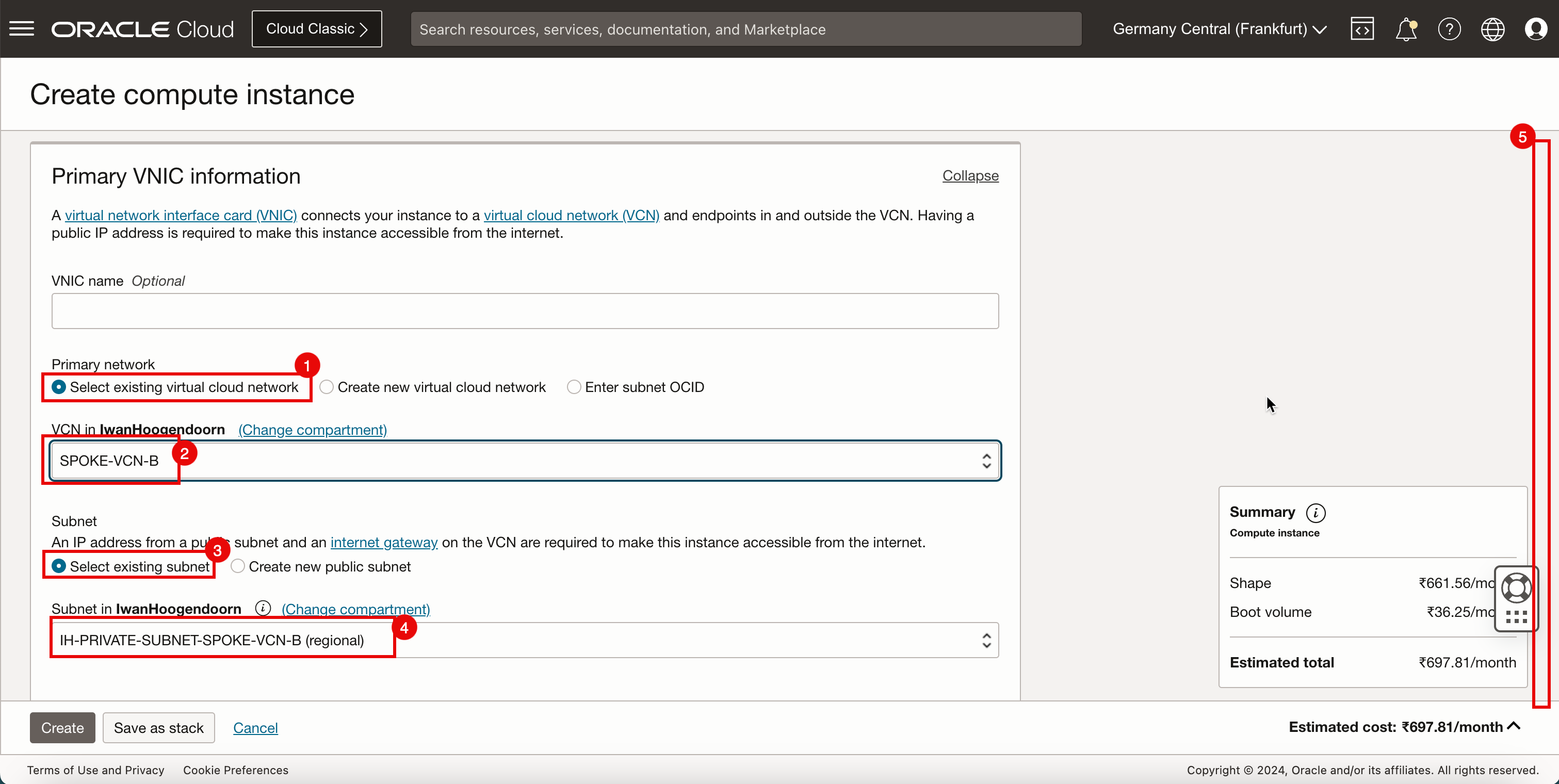

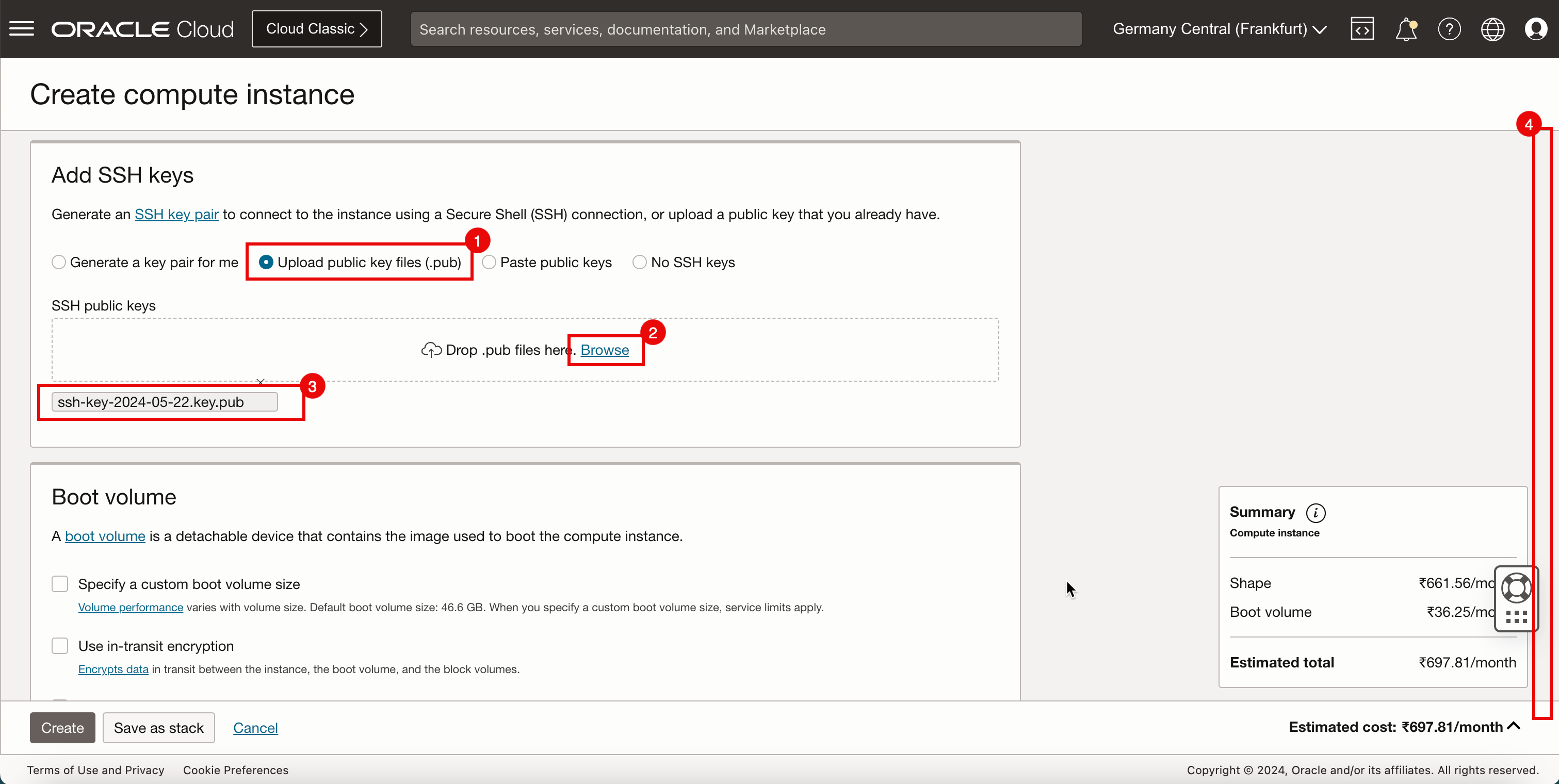

스포크 VCN B에서 인스턴스 생성

Spoke VCN B에서는 라우팅 플로우를 테스트하는 데 사용할 수 있는 네트워크 엔드포인트 역할을 하는 간단한 Linux 인스턴스를 생성합니다.

Spoke B 클라이언트 인스턴스

-

인스턴스 생성.

- 인스턴스의 이름을 입력합니다.

- 아래로.

-

아래로.

- 기본 네트워크에서 기존 가상 클라우드 네트워크 선택을 선택합니다.

- VCN에서 SPOKE-VCN-B를 선택합니다.

- 서브넷에서 기존 서브넷 선택을 선택합니다.

- 스포크 VCN B에서 전용 서브넷을 선택합니다.

- 아래로.

- 개인 IPv4 주소에서 자동으로 개인 IPv4 주소 지정을 선택합니다.

- 아래로.

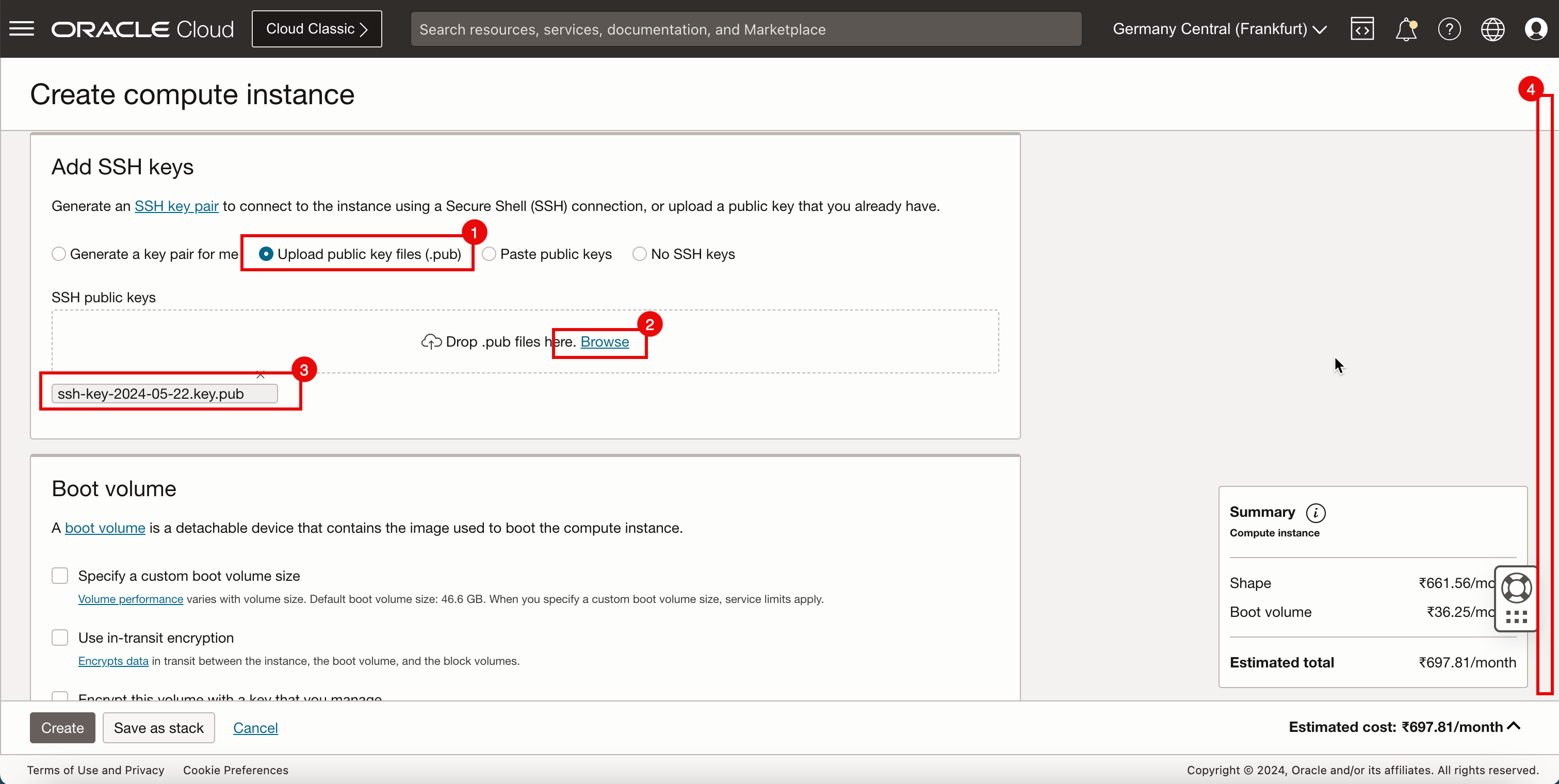

- 퍼블릭 키 파일을 업로드합니다.

- 찾아보기를 누릅니다. 인스턴스 A를 생성할 때 저장한 공용 키 파일을 선택합니다.

- 공용 키가 선택되었는지 확인하십시오.

- 아래로.

-

아래로.

-

Create를 누릅니다.

-

상태는 PROVISIONING입니다.

- 상태가 RUNNING으로 변경됩니다.

- 이후 단계에서 사용할 개인 IP 주소를 확인합니다.

- 인스턴스를 눌러 인스턴스 페이지로 돌아갑니다.

- 인스턴스 B가 실행 중입니다.

- 인스턴스 생성을 눌러 다음 인스턴스를 생성합니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

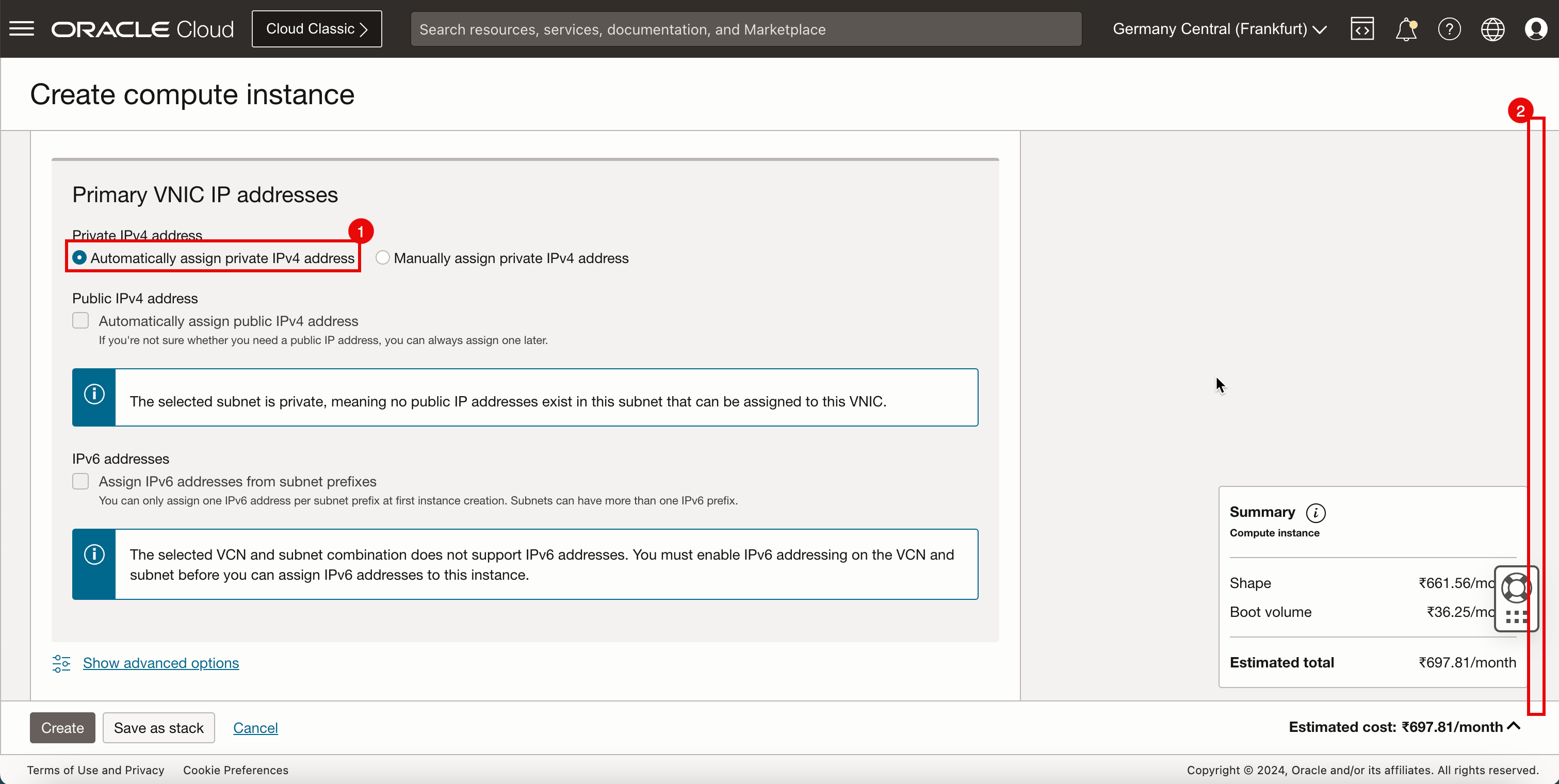

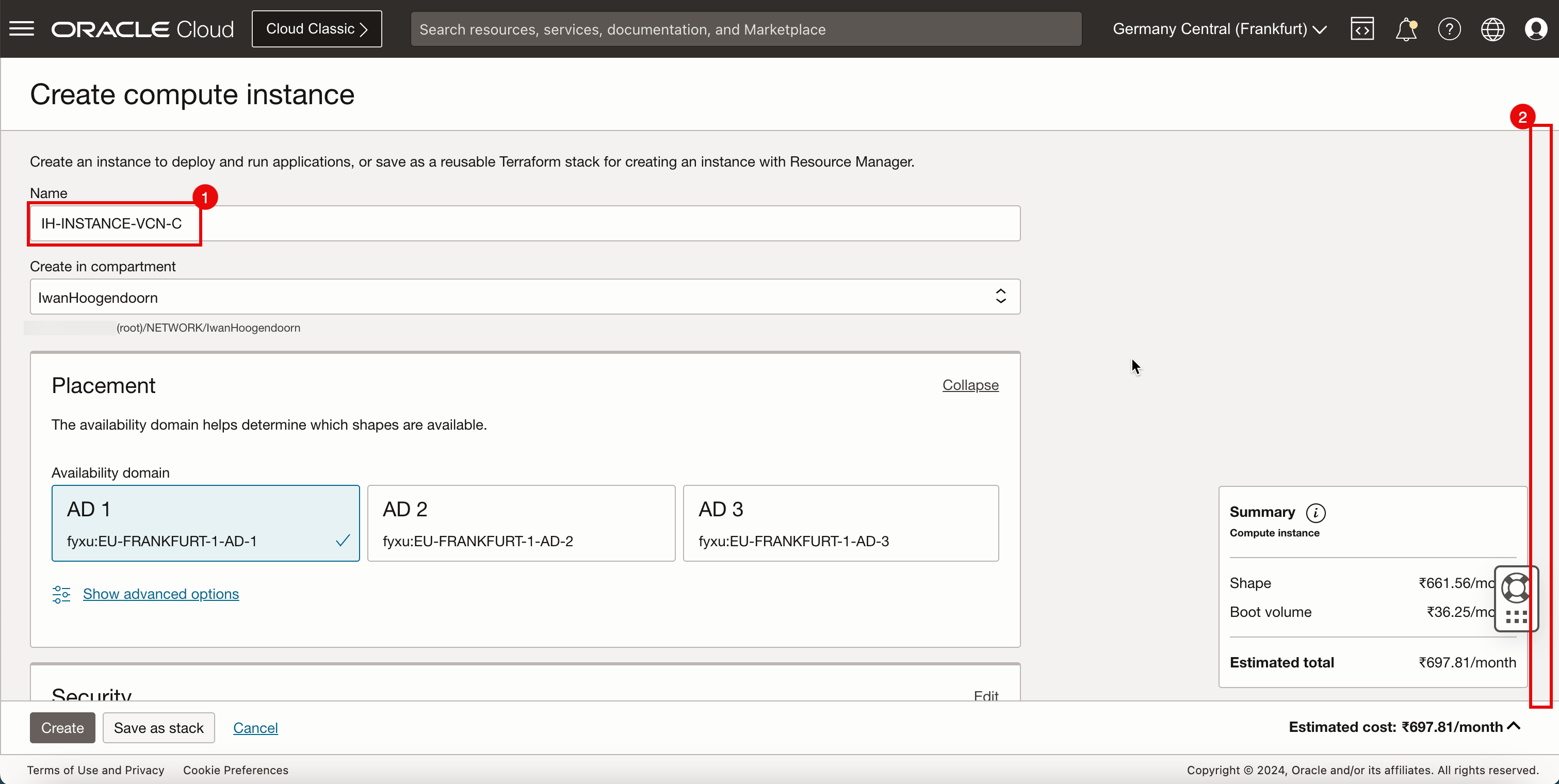

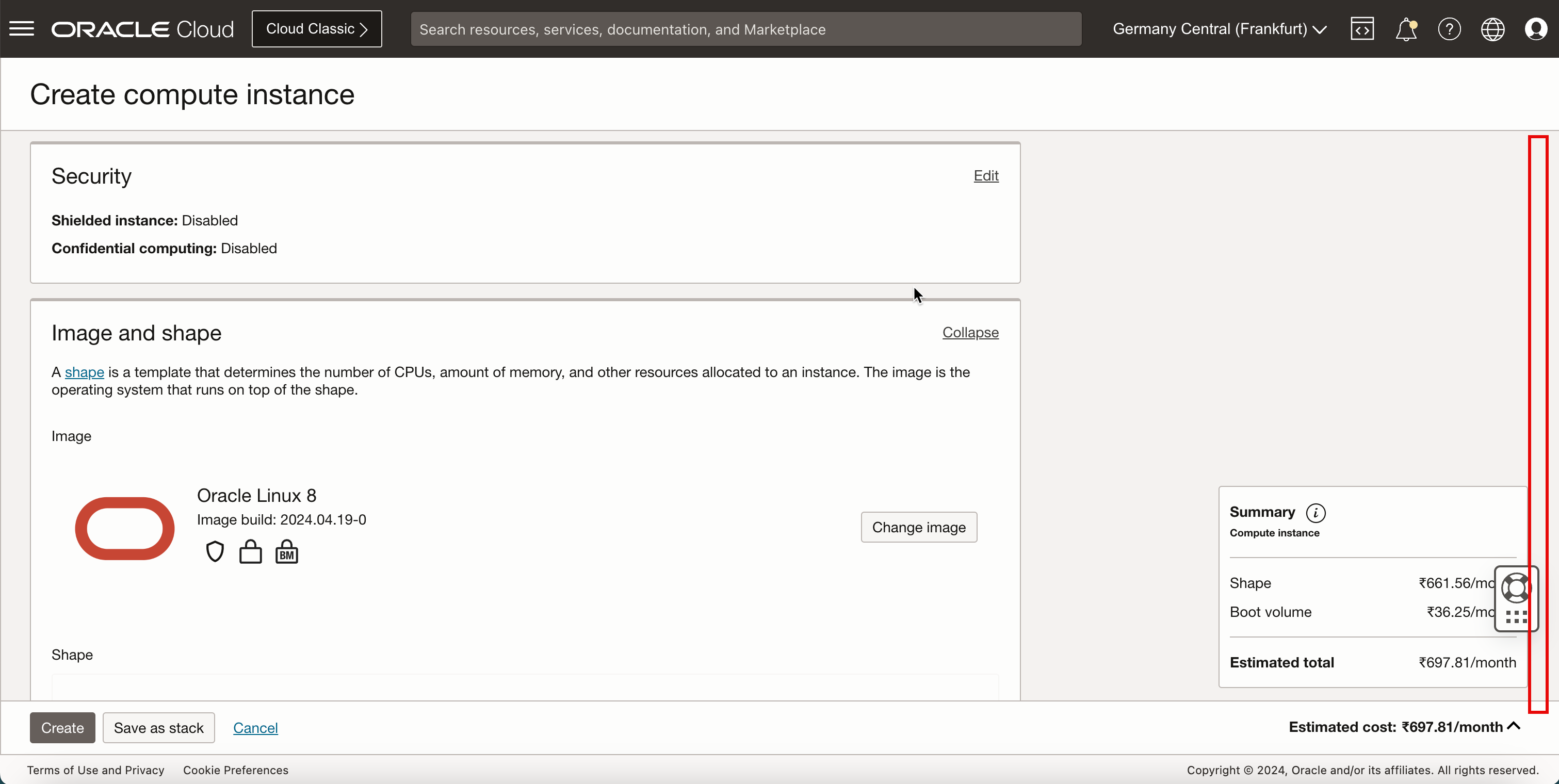

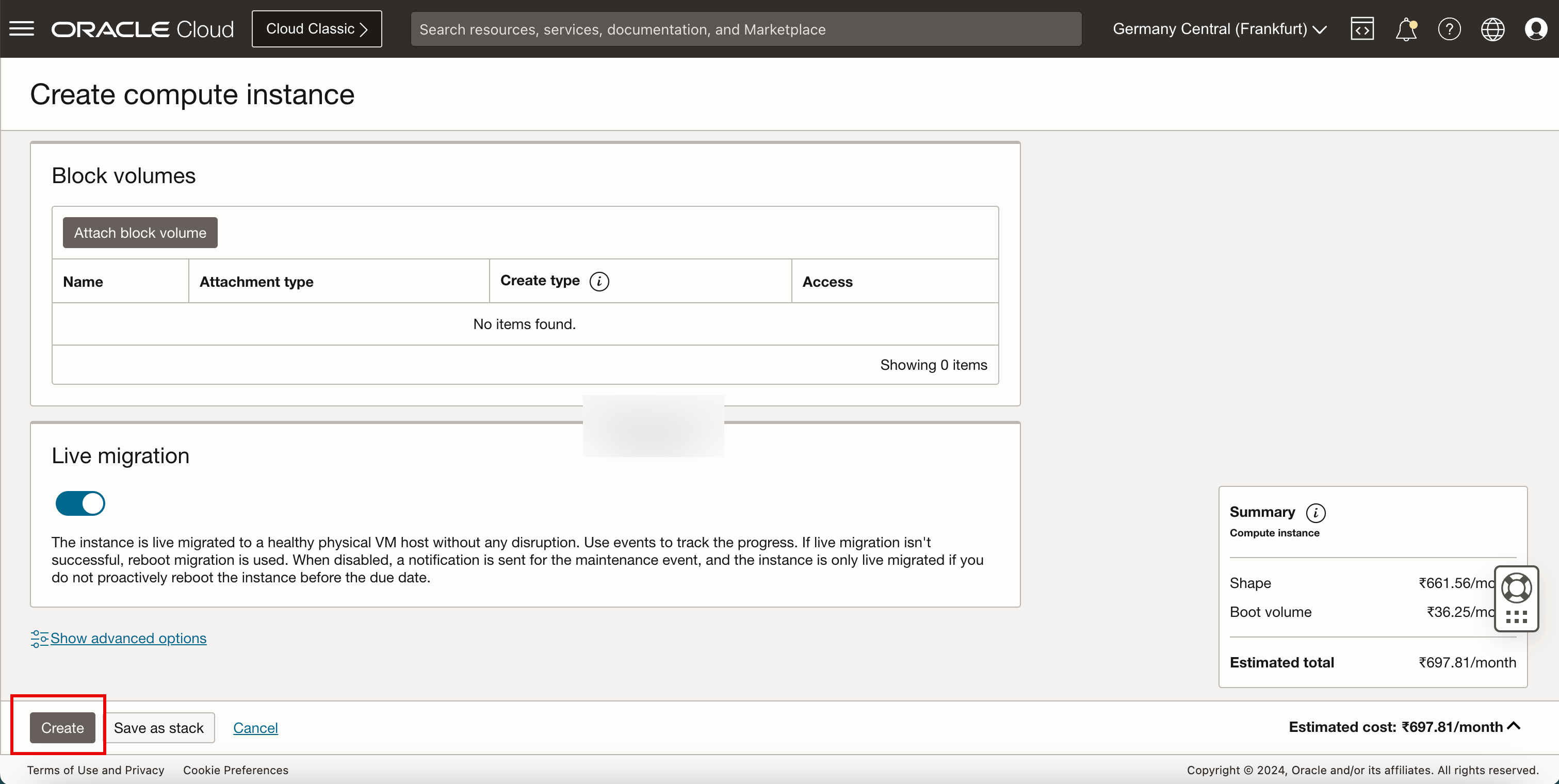

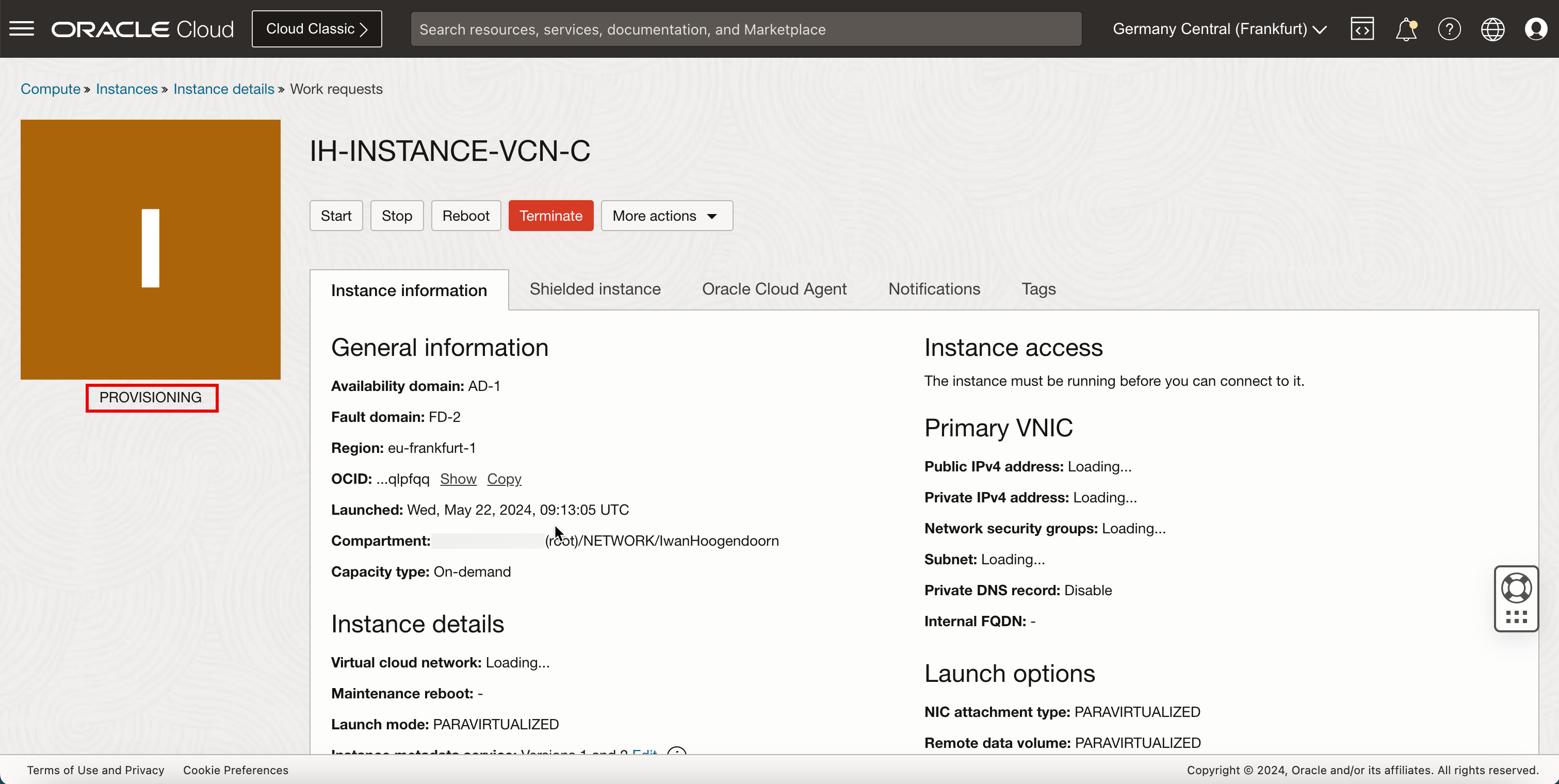

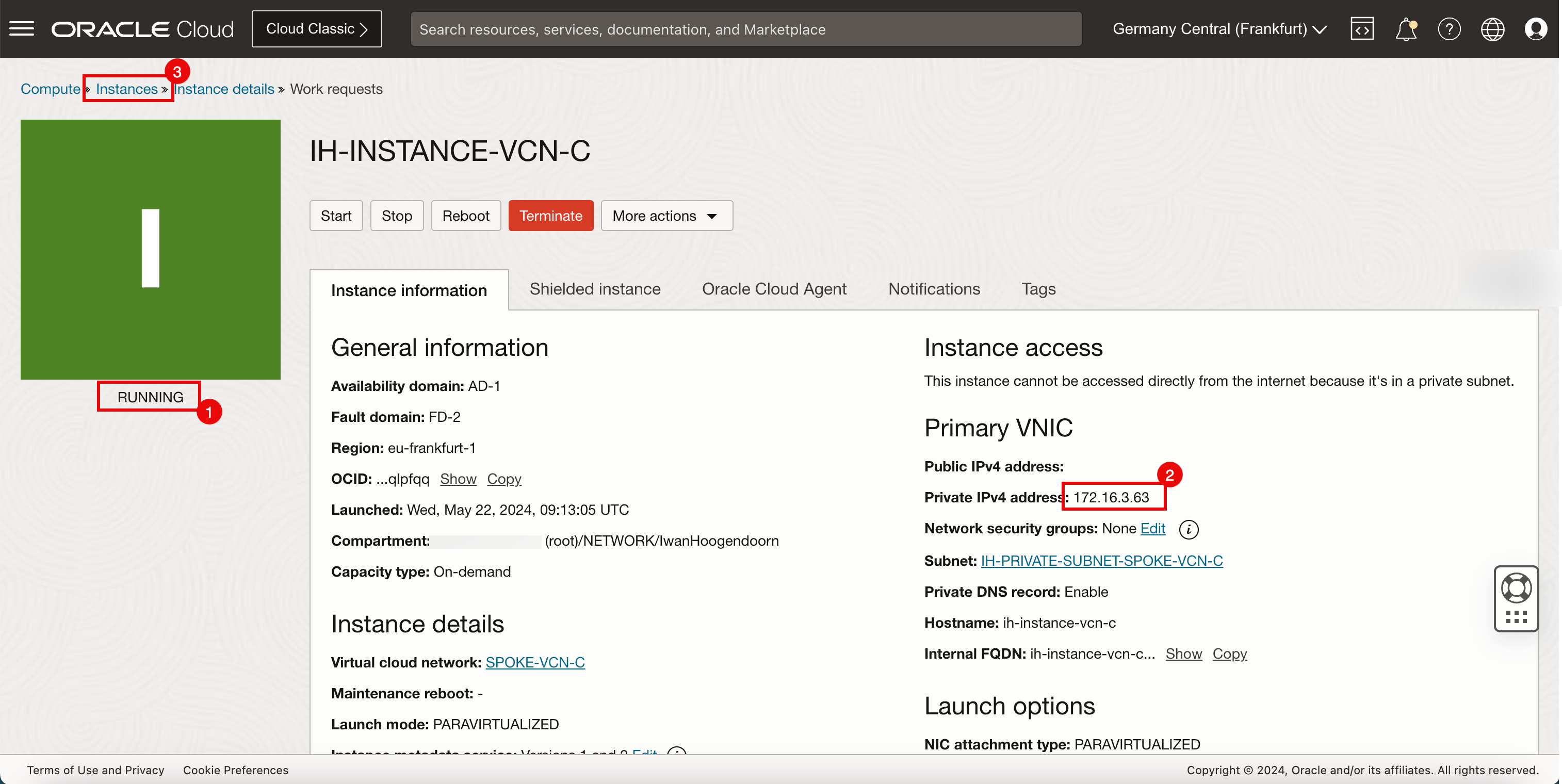

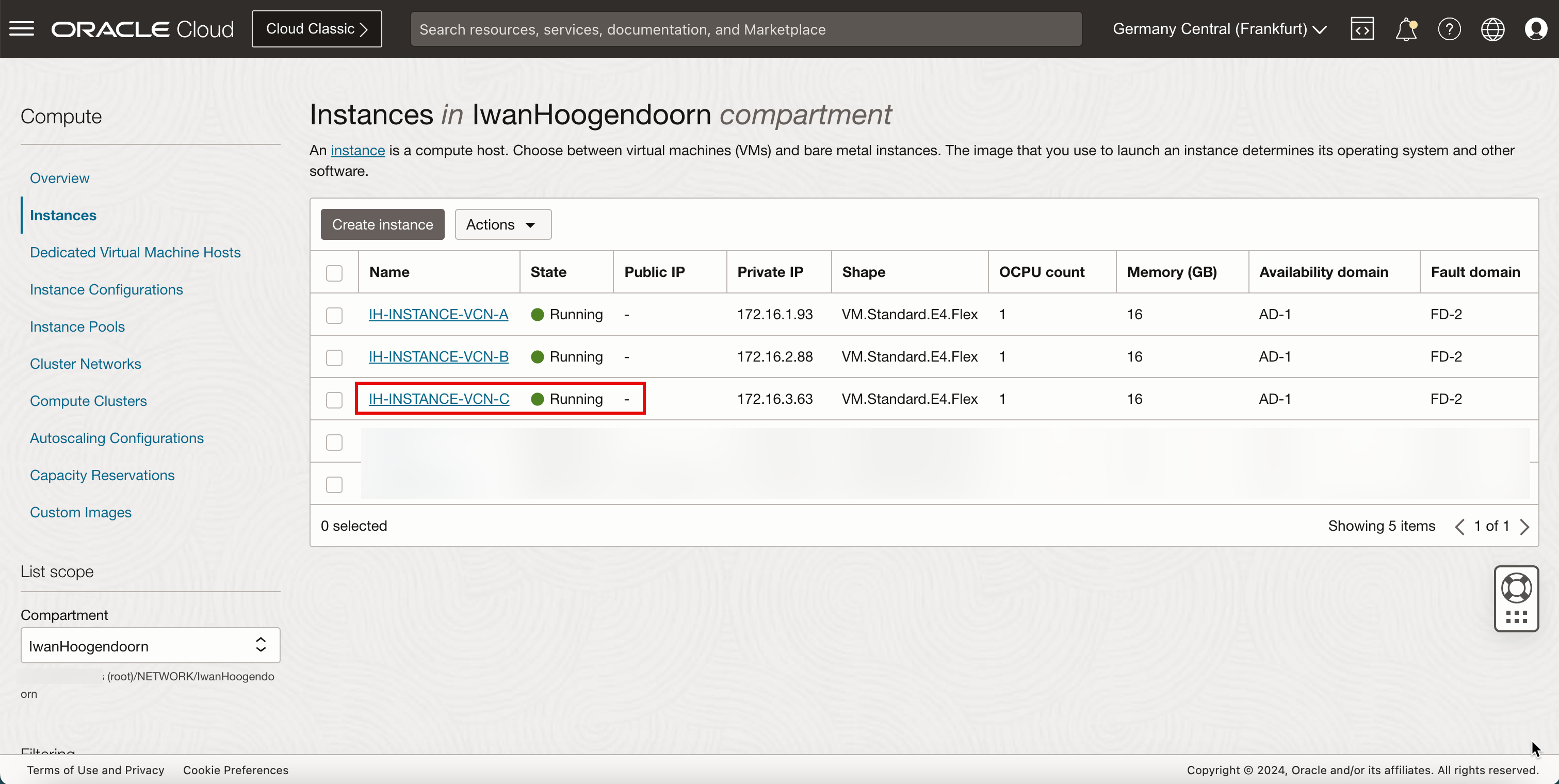

스포크 VCN C에서 인스턴스 생성

Spoke VCN C에서는 라우팅 흐름을 테스트하는 데 사용할 수 있는 네트워크 엔드포인트 역할을 하는 간단한 Linux 인스턴스를 생성합니다.

Spoke C 클라이언트 인스턴스

-

인스턴스 생성.

- 인스턴스 이름을 입력합니다.

- 아래로.

-

아래로.

- 기본 네트워크에서 기존 가상 클라우드 네트워크 선택을 선택합니다.

- VCN에서 SPOKE-VCN-C를 선택합니다.

- 서브넷에서 기존 서브넷 선택을 선택합니다.

- 스포크 VCN C에서 전용 서브넷을 선택합니다.

- 아래로.

- 개인 IPv4 주소에서 자동으로 개인 IPv4 주소 지정을 선택합니다.

- 아래로.

- 퍼블릭 키 파일을 업로드합니다.

- 찾아보기를 누릅니다. 인스턴스 A를 생성할 때 저장한 공용 키 파일을 선택합니다.

- 공용 키가 선택되었는지 확인하십시오.

- 아래로.

-

아래로.

-

Create를 누릅니다.

-

상태가 PROVISIONING입니다.

- 상태가 RUNNING으로 변경됩니다.

- 개인 IP 주소는 나중에 확인할 수 있습니다.

- 인스턴스를 눌러 인스턴스 페이지로 돌아갑니다.

-

인스턴스 C가 실행 중인지 확인합니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 5: 허브 VCN에 pfSense 방화벽 인스턴스 추가

네트워크 설정에 필요한 마지막 인스턴스는 방화벽입니다. 예를 들어, 이 방화벽은 OCI 네트워크 방화벽과 같은 방화벽일 수 있습니다. 이 자습서에서는 pfSense 방화벽을 사용합니다.

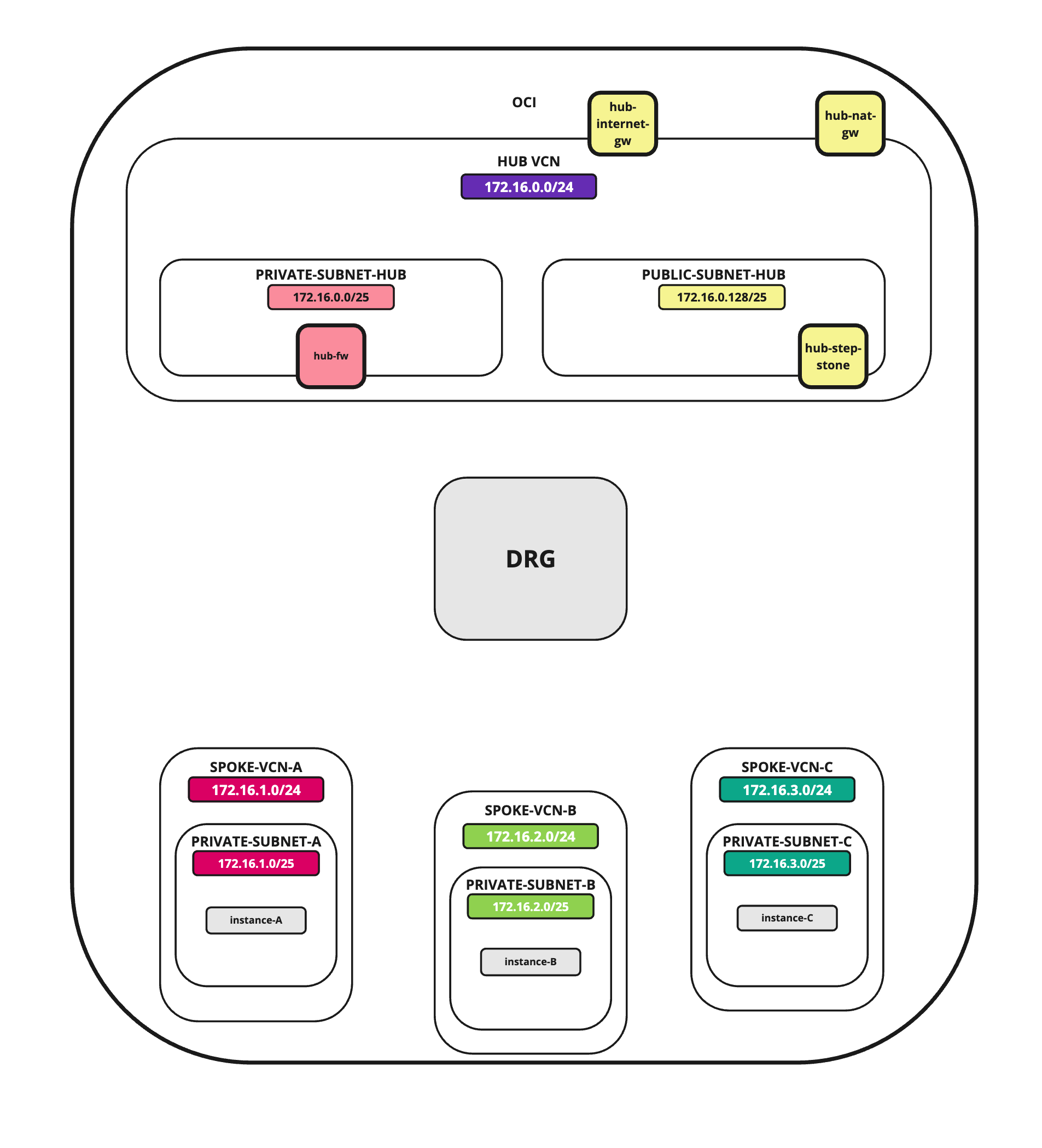

OCI 환경에서 방화벽 역할을 할 수 있는 pfSense 인스턴스(hub-fw)를 생성하려면 이 자습서를 사용합니다.

주: 자습서를 계속하기 전에 pfSense 인스턴스를 생성하십시오.

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

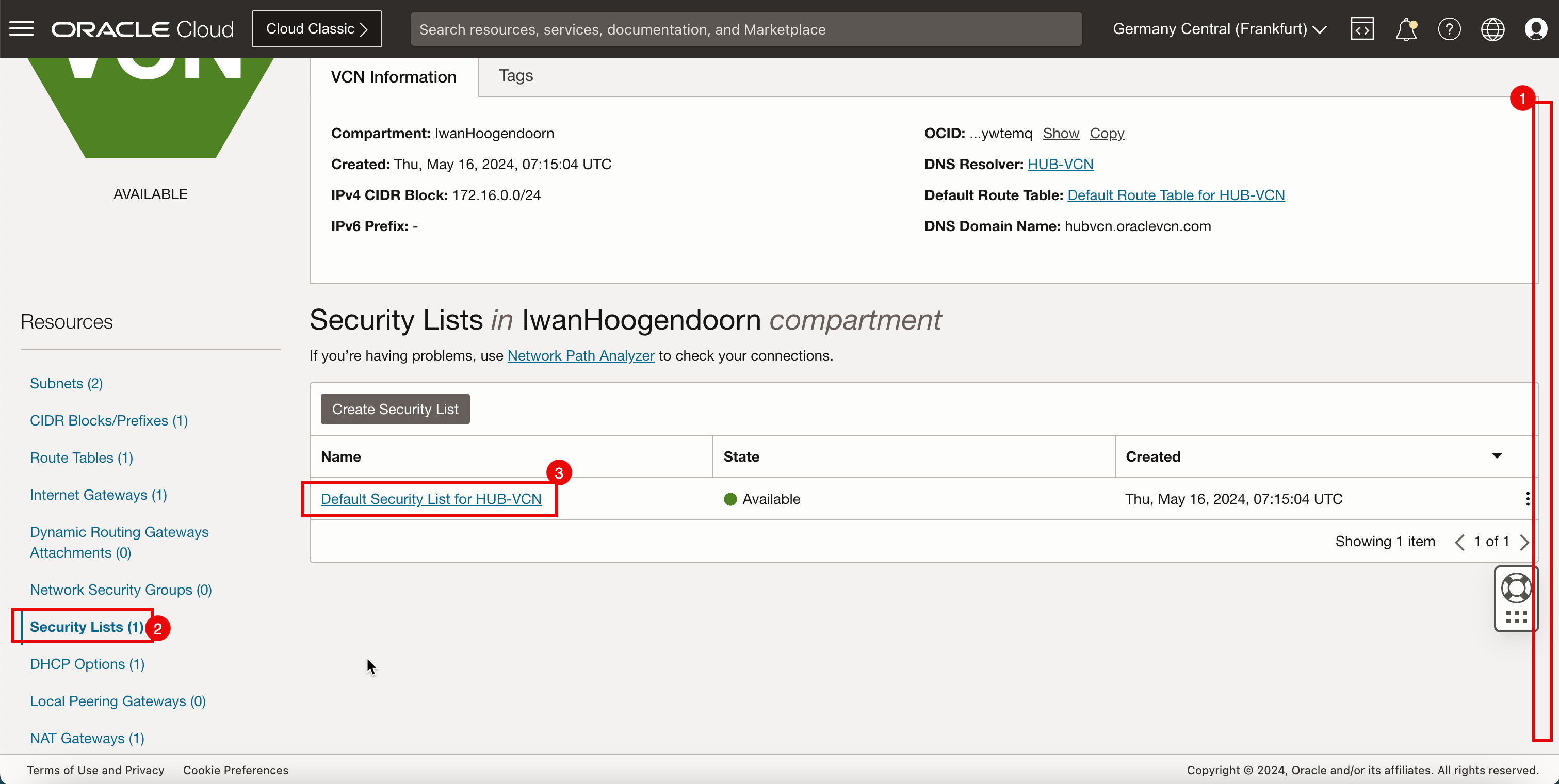

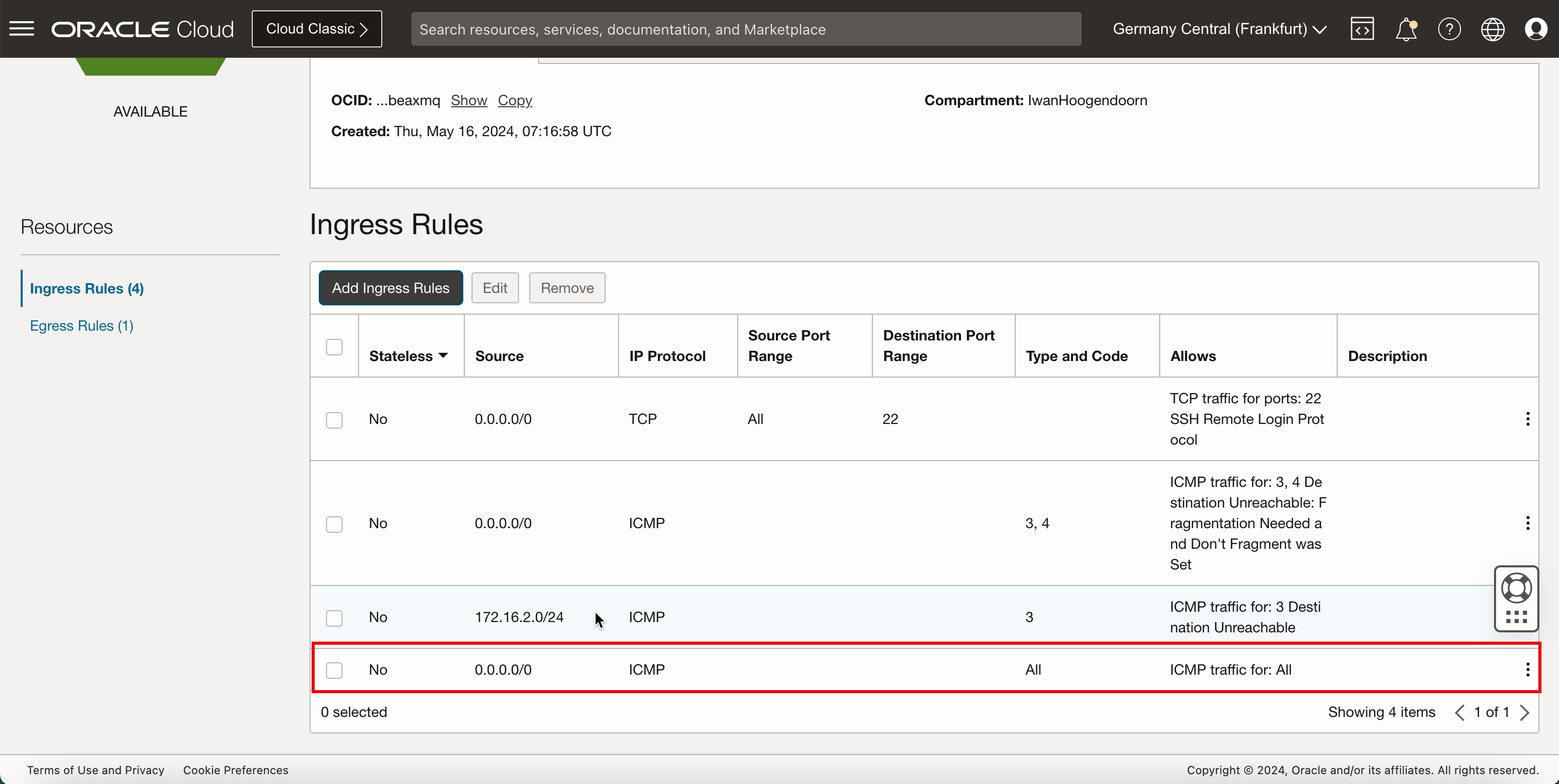

작업 6: 보안 목록에서 방화벽 규칙 열기

OCI 환경에는 여러 계층의 네트워크 보안이 있습니다. 기본적으로 대부분의 프로토콜 및 포트에 대해 모든 수신 네트워크 트래픽이 차단됩니다. 핑 테스트를 위해 허브 및 스포크 VCN에서 ICMP 포트를 열어 VCN으로 들어오는 모든 ICMP 트래픽을 허용할 수 있습니다.

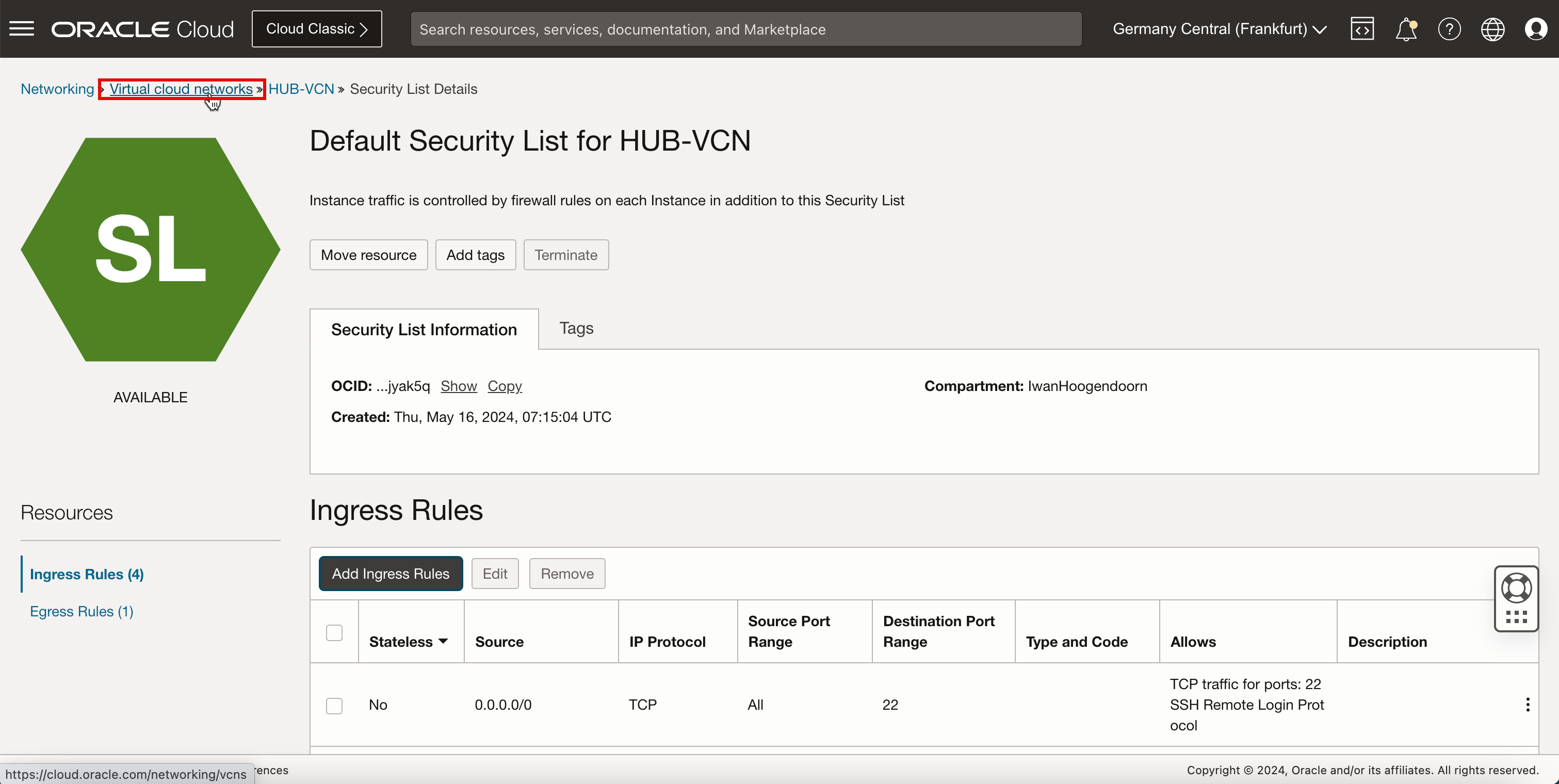

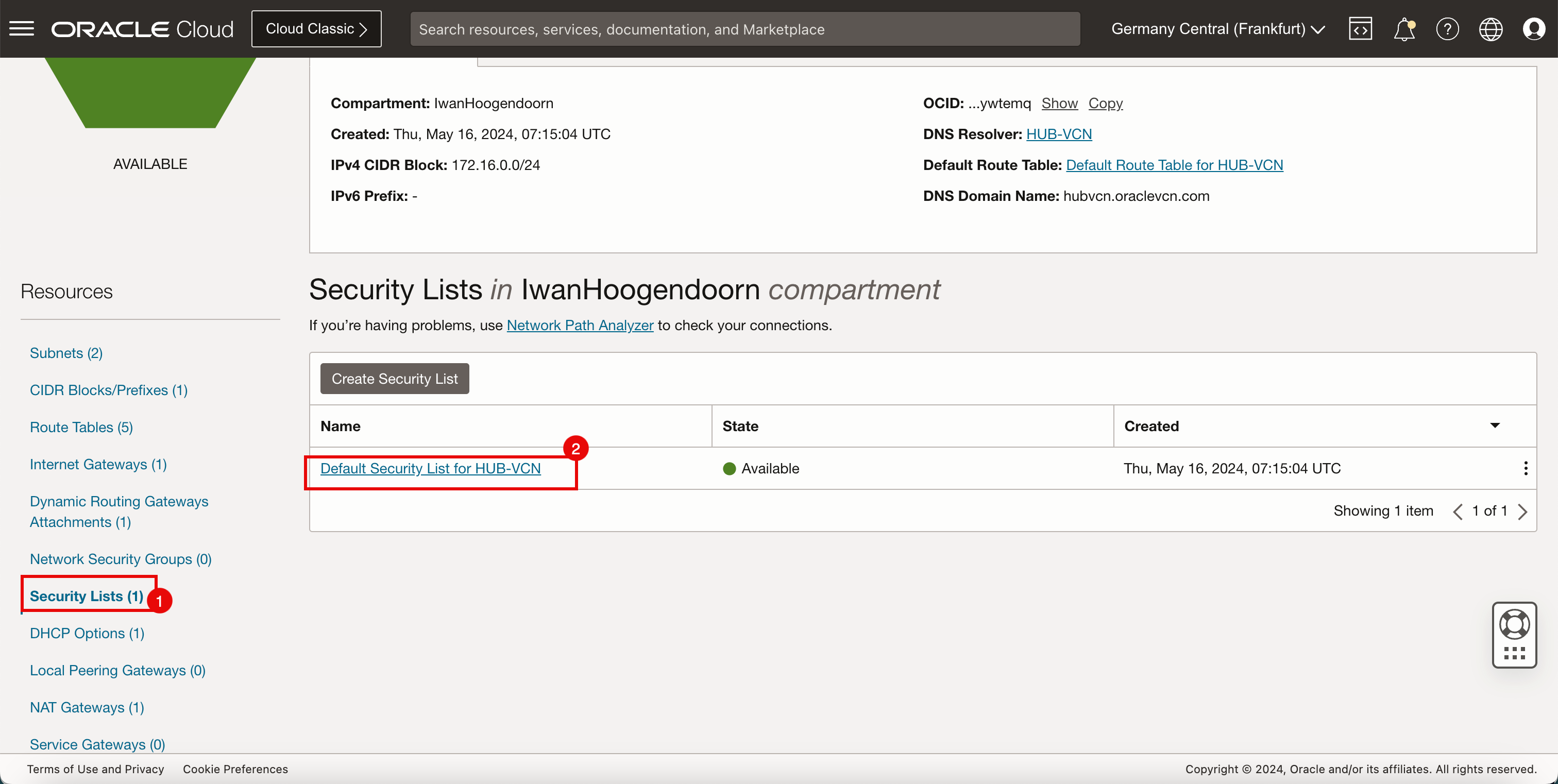

허브 VCN에서 수신 규칙 추가

-

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 가상 클라우드 네트워크를 누르거나 네트워킹 및 가상 클라우드 네트워크로 이동합니다.

-

pfSense 방화벽이 연결된 허브 VCN을 선택합니다.

- 아래로.

- Security Lists를 누릅니다.

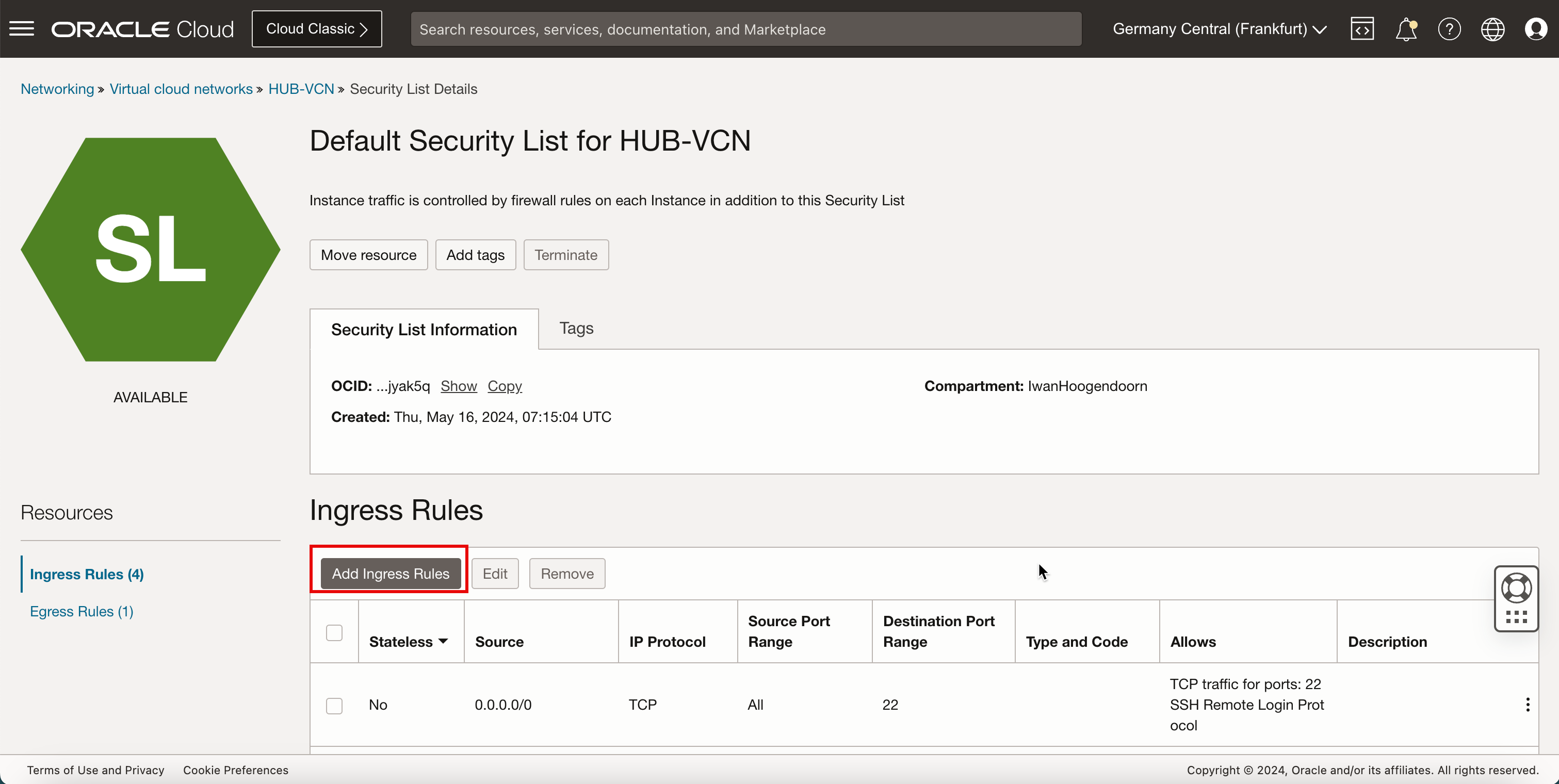

- HUB-VCN에 대한 기본 보안 목록을 누릅니다.

-

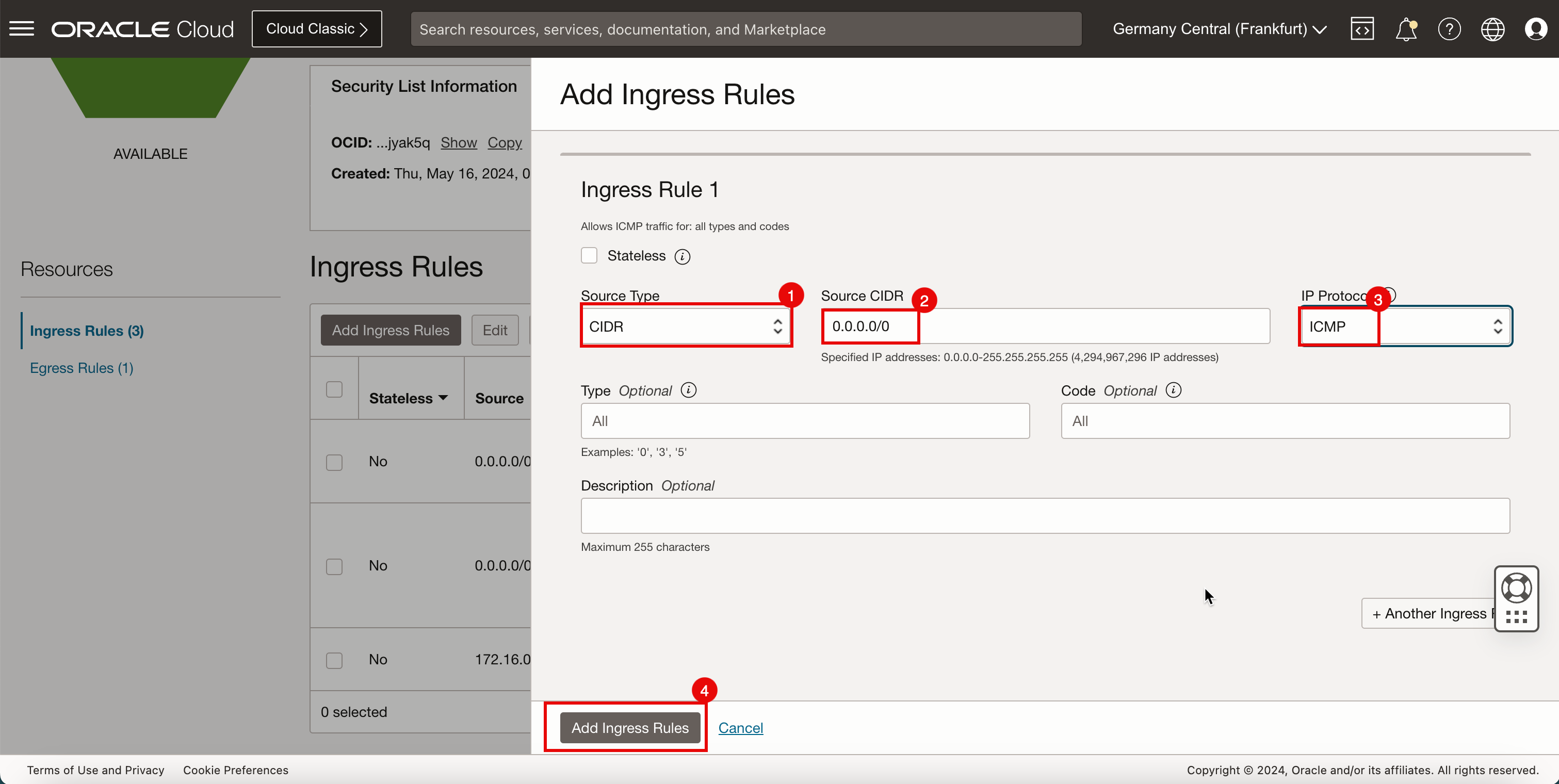

수신 규칙 추가를 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

0.0.0.0/0을 입력합니다. - IP 프로토콜에서 ICMP를 선택합니다.

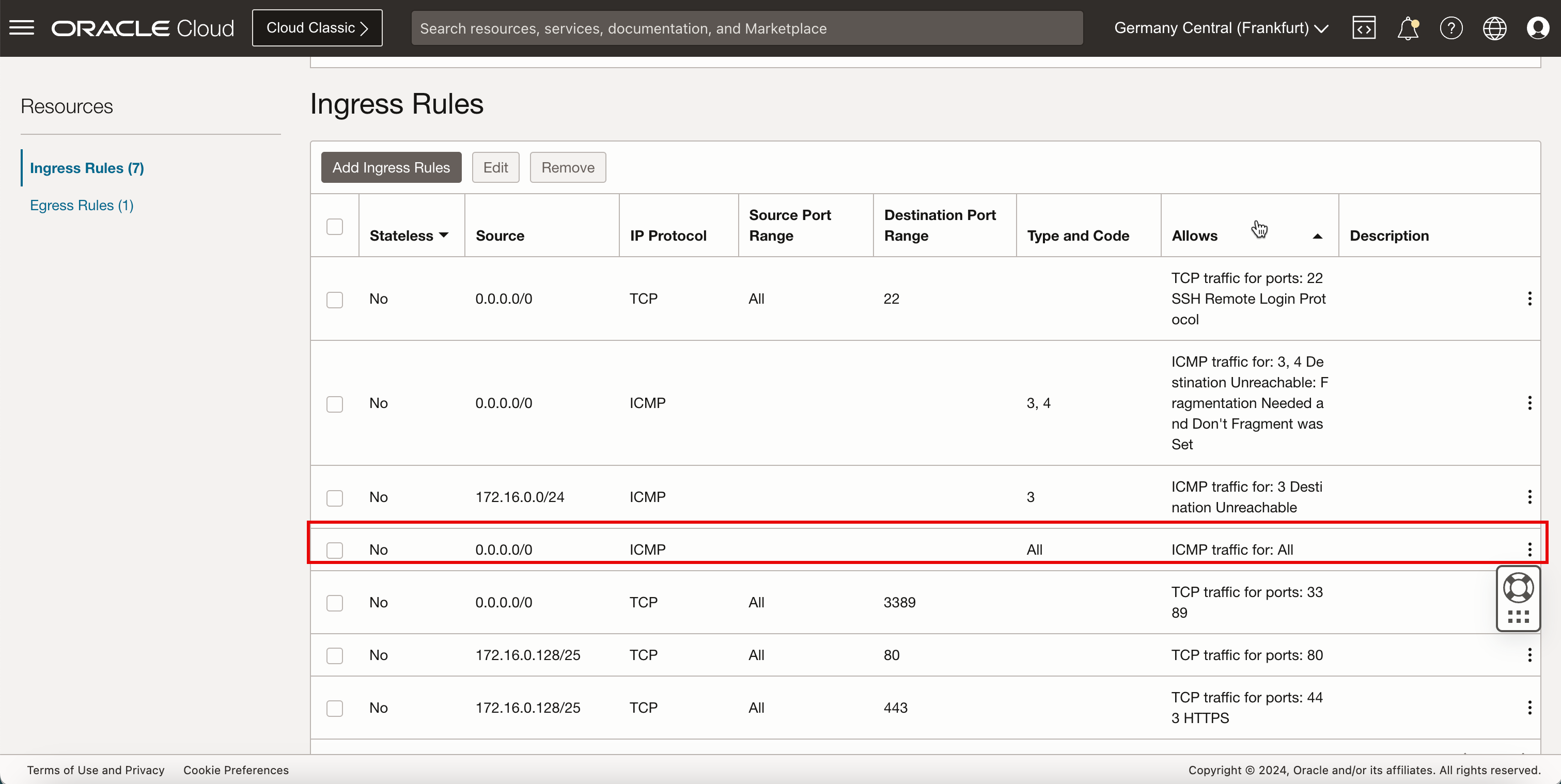

- 수신 규칙 추가를 누릅니다.

-

ICMP 규칙이 추가되었음을 알 수 있습니다.

-

가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

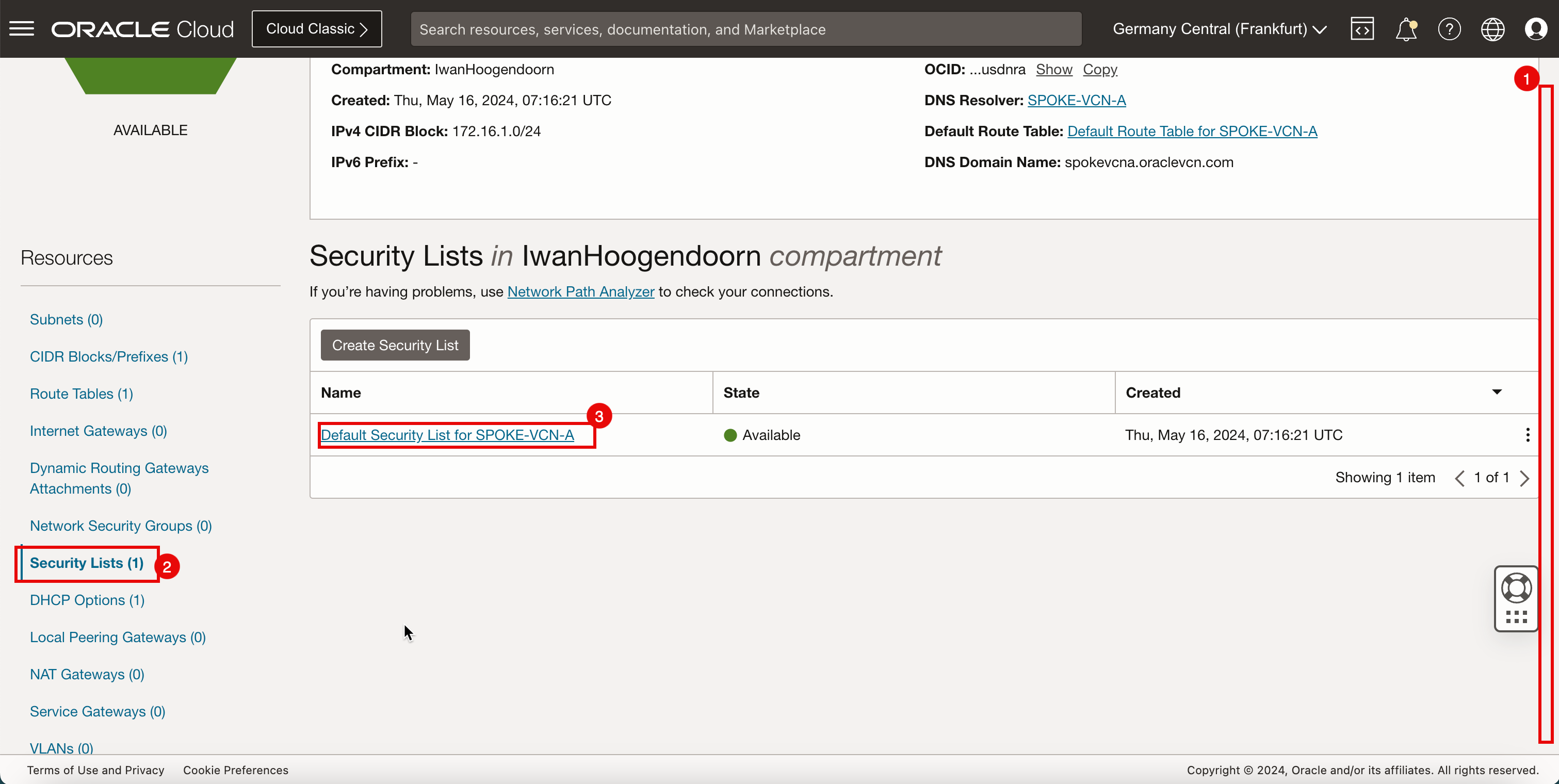

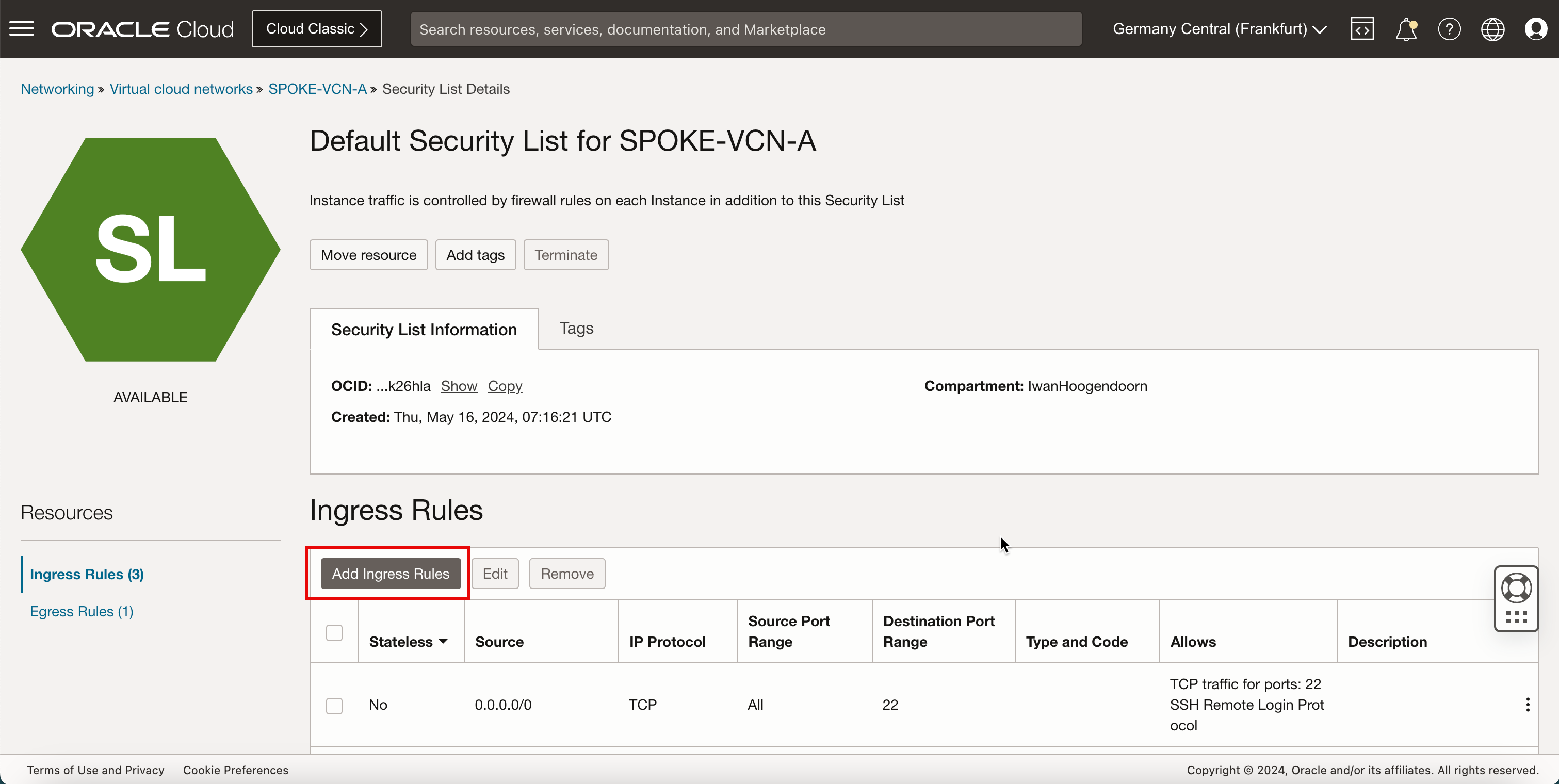

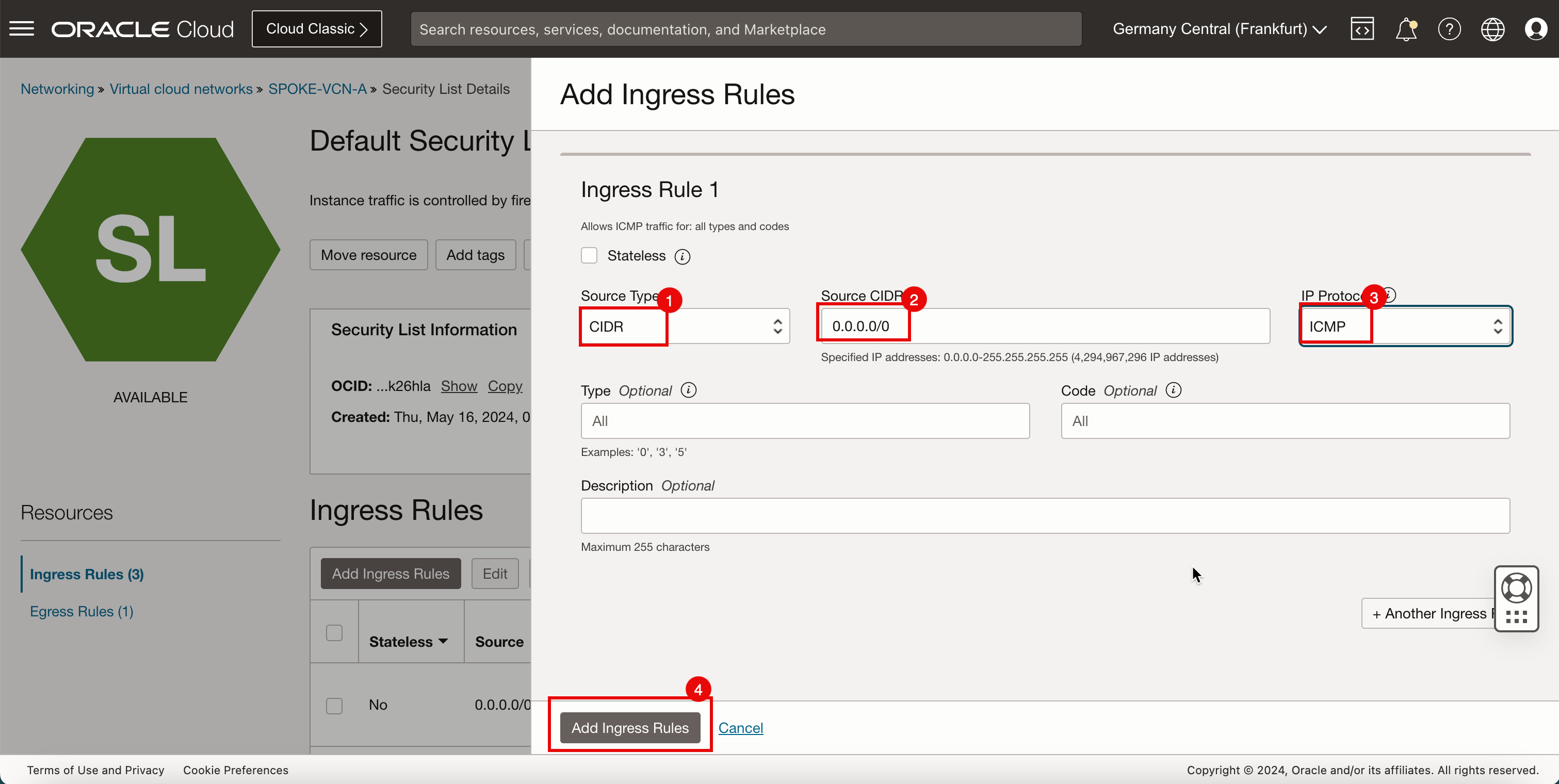

스포크 VCN A에서 수신 규칙 추가

-

Spoke VCN A를 누릅니다.

- 아래로.

- Security Lists를 누릅니다.

- SPOKE-VCN-A에 대한 기본 보안 목록을 누릅니다.

-

수신 규칙 추가를 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

0.0.0.0/0을 입력합니다. - IP 프로토콜에서 ICMP를 선택합니다.

- 수신 규칙 추가를 누릅니다.

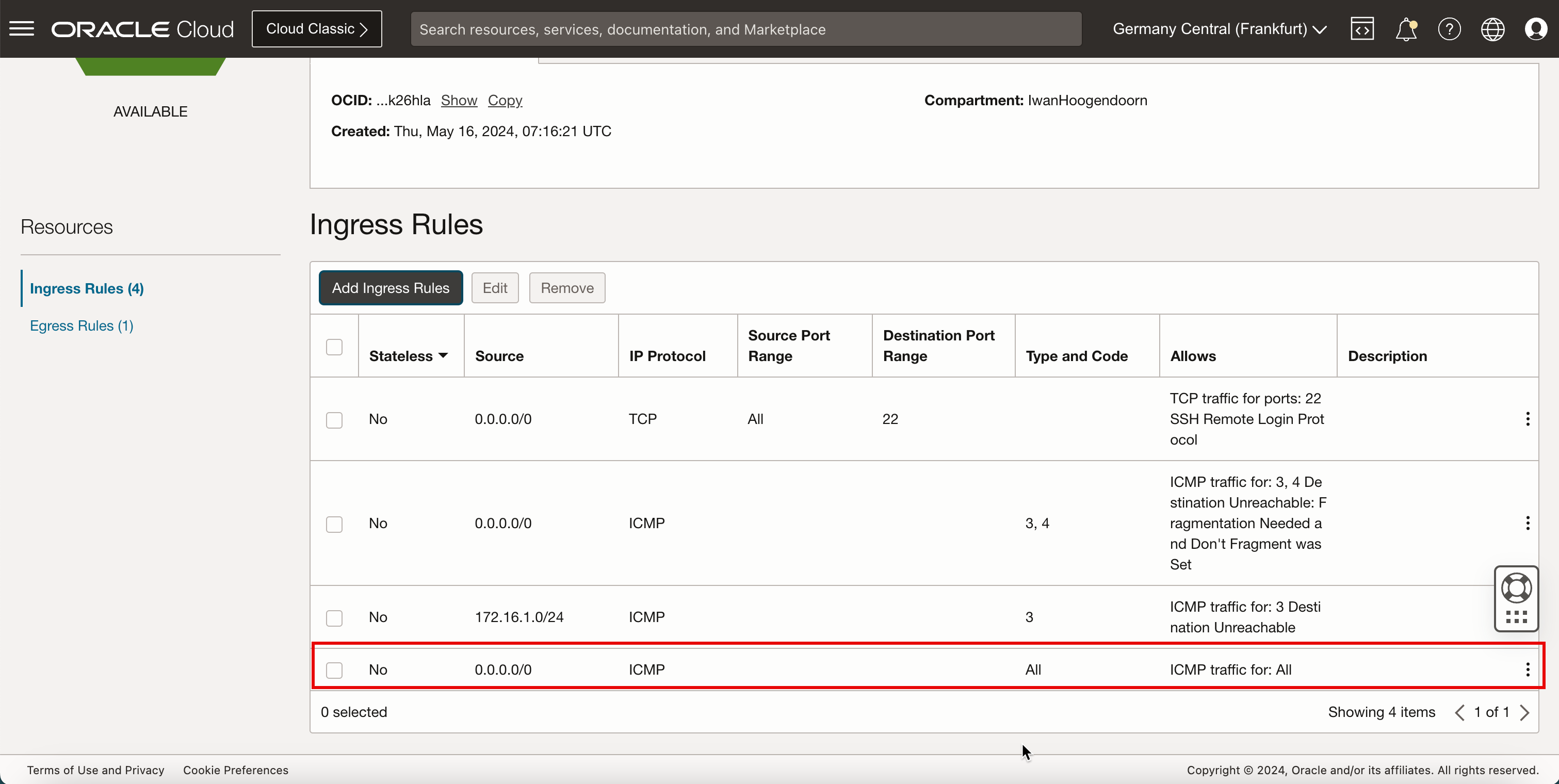

-

ICMP 규칙이 추가된 것을 확인할 수 있습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

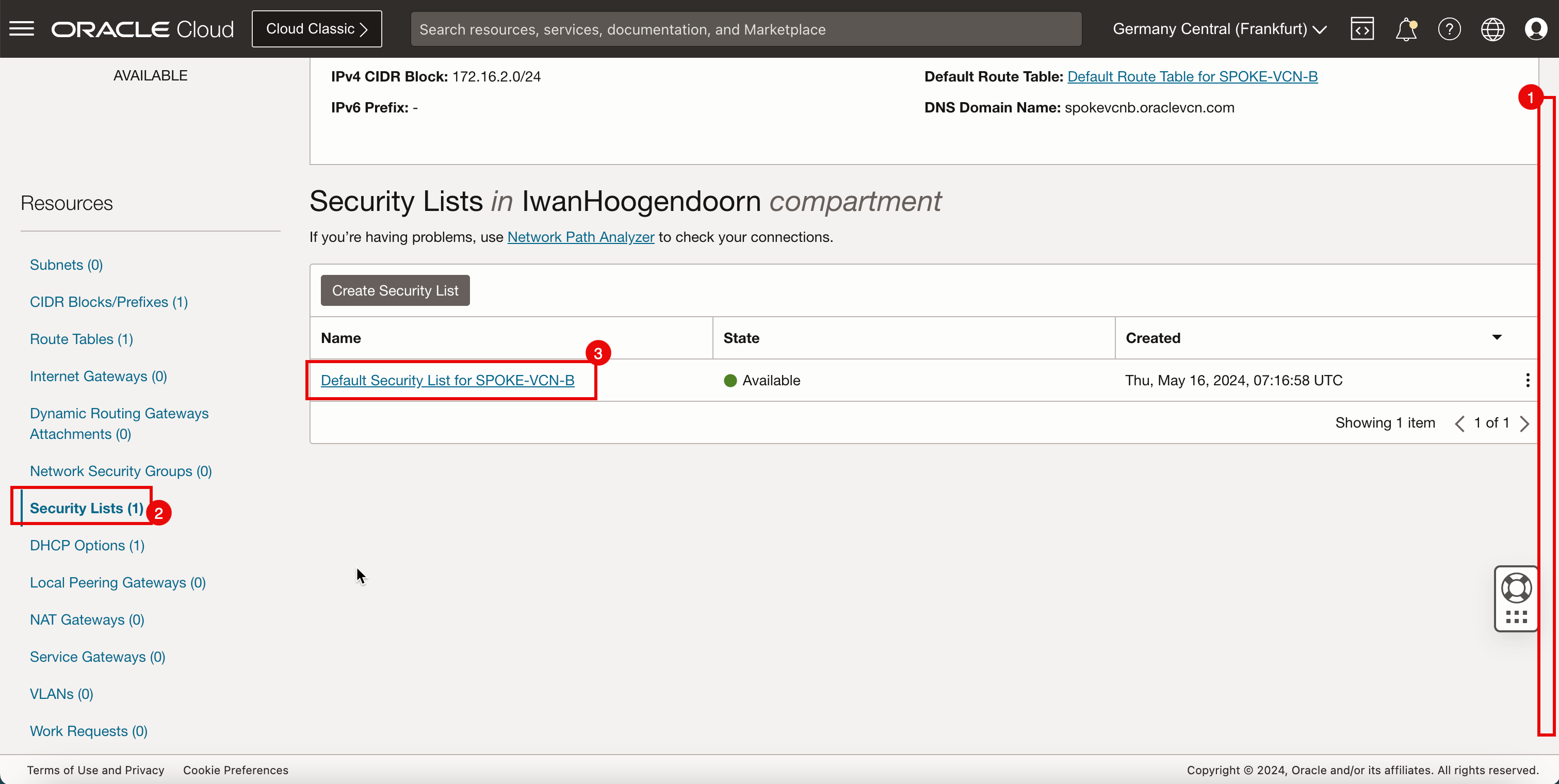

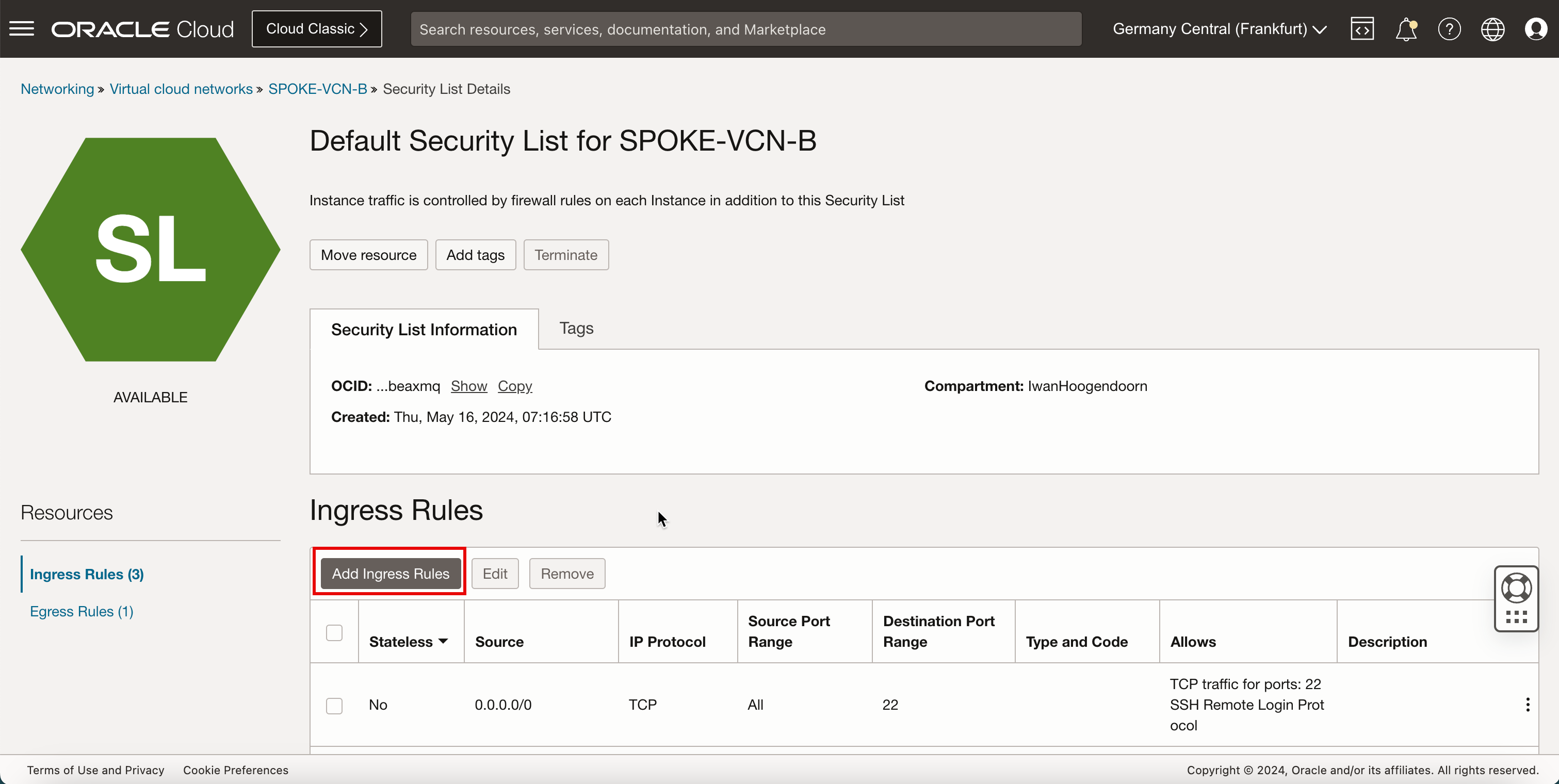

스포크 VCN B에서 수신 규칙 추가

-

Spoke VCN B를 누릅니다.

- 아래로.

- Security Lists를 누릅니다.

- SPOKE-VCN-B에 대한 기본 보안 목록을 누릅니다.

-

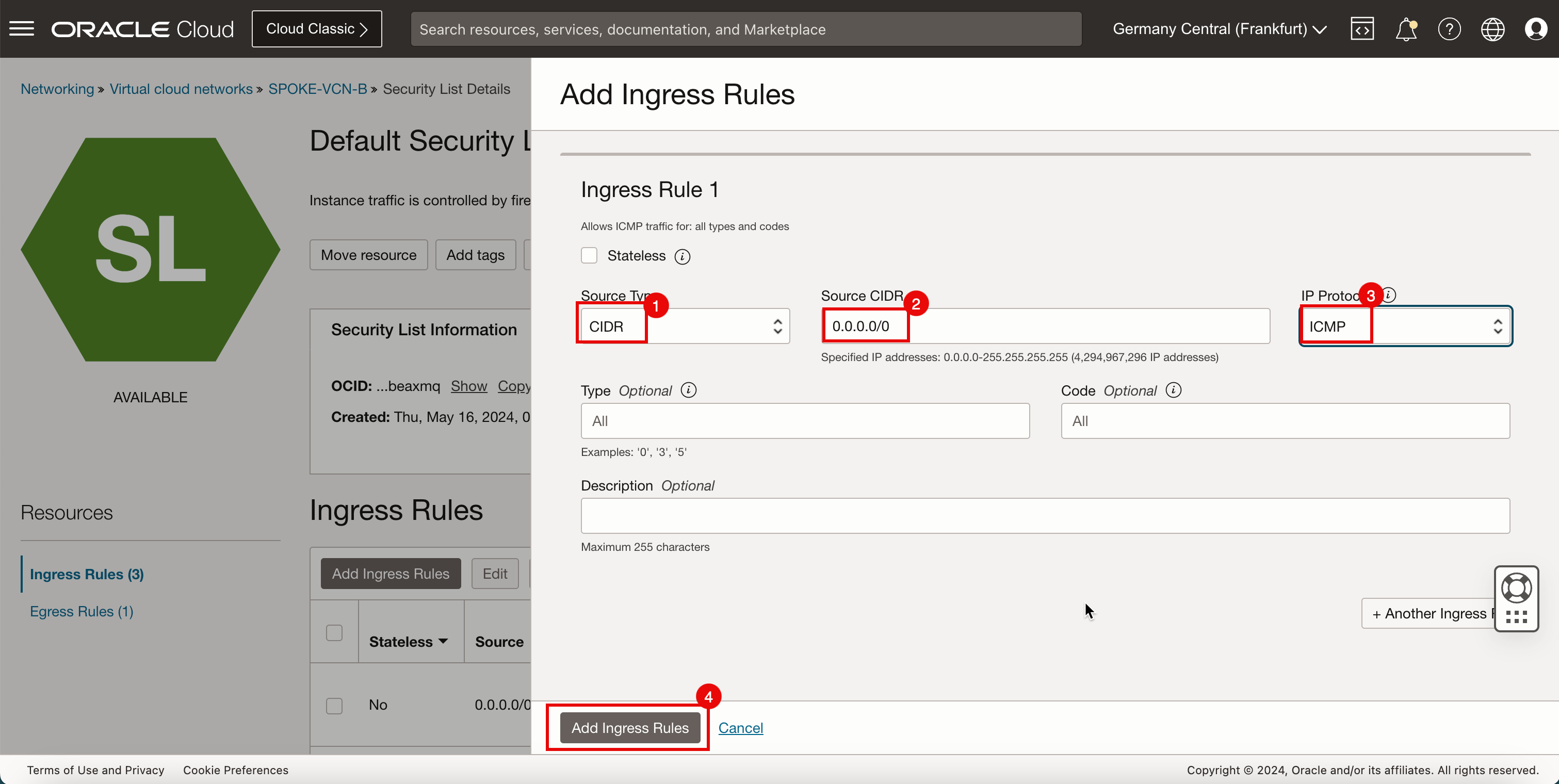

수신 규칙 추가를 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

0.0.0.0/0을 입력합니다. - IP 프로토콜에서 ICMP를 선택합니다.

- 수신 규칙 추가를 누릅니다.

-

ICMP 규칙이 추가되었음을 알 수 있습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

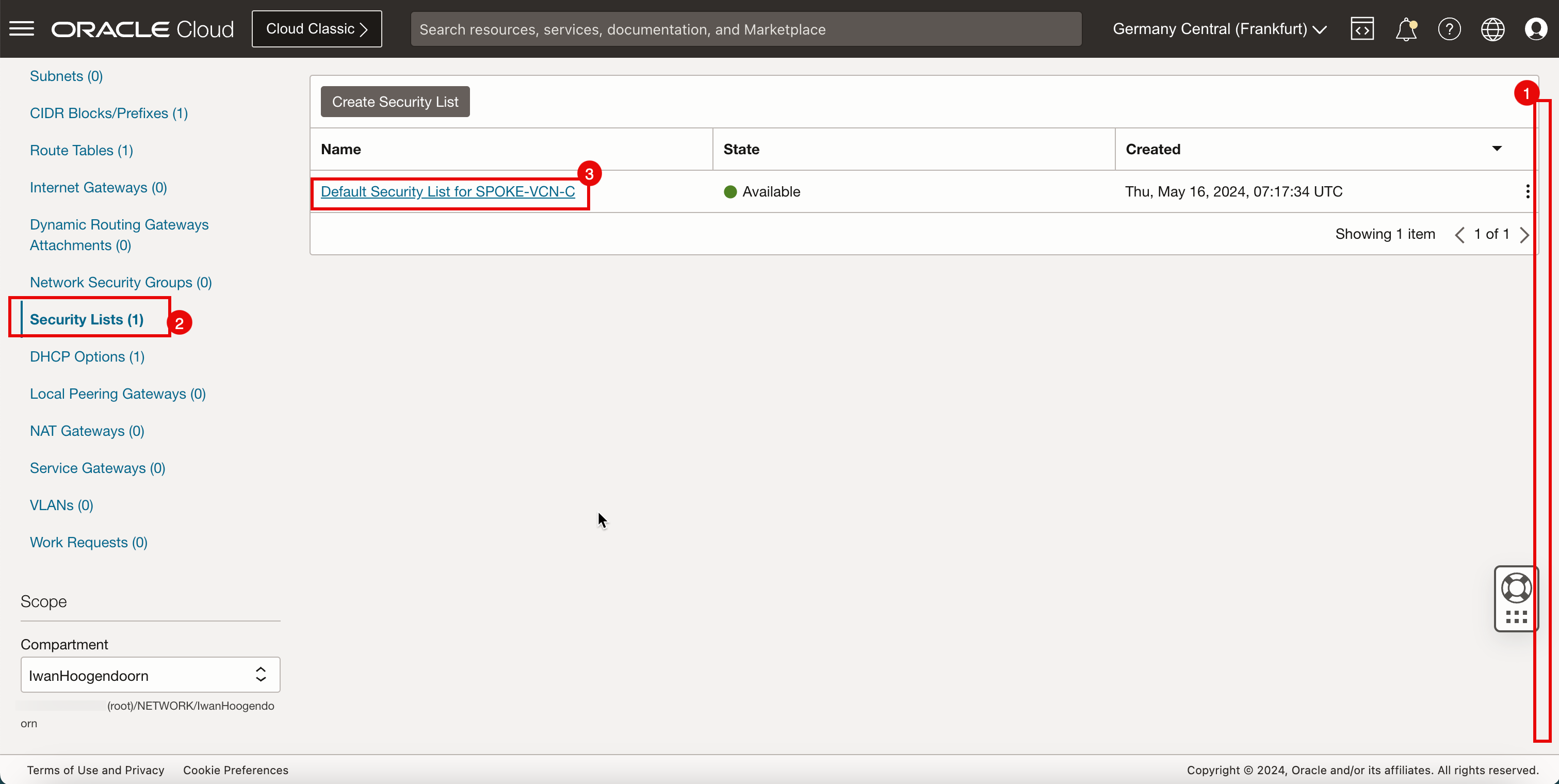

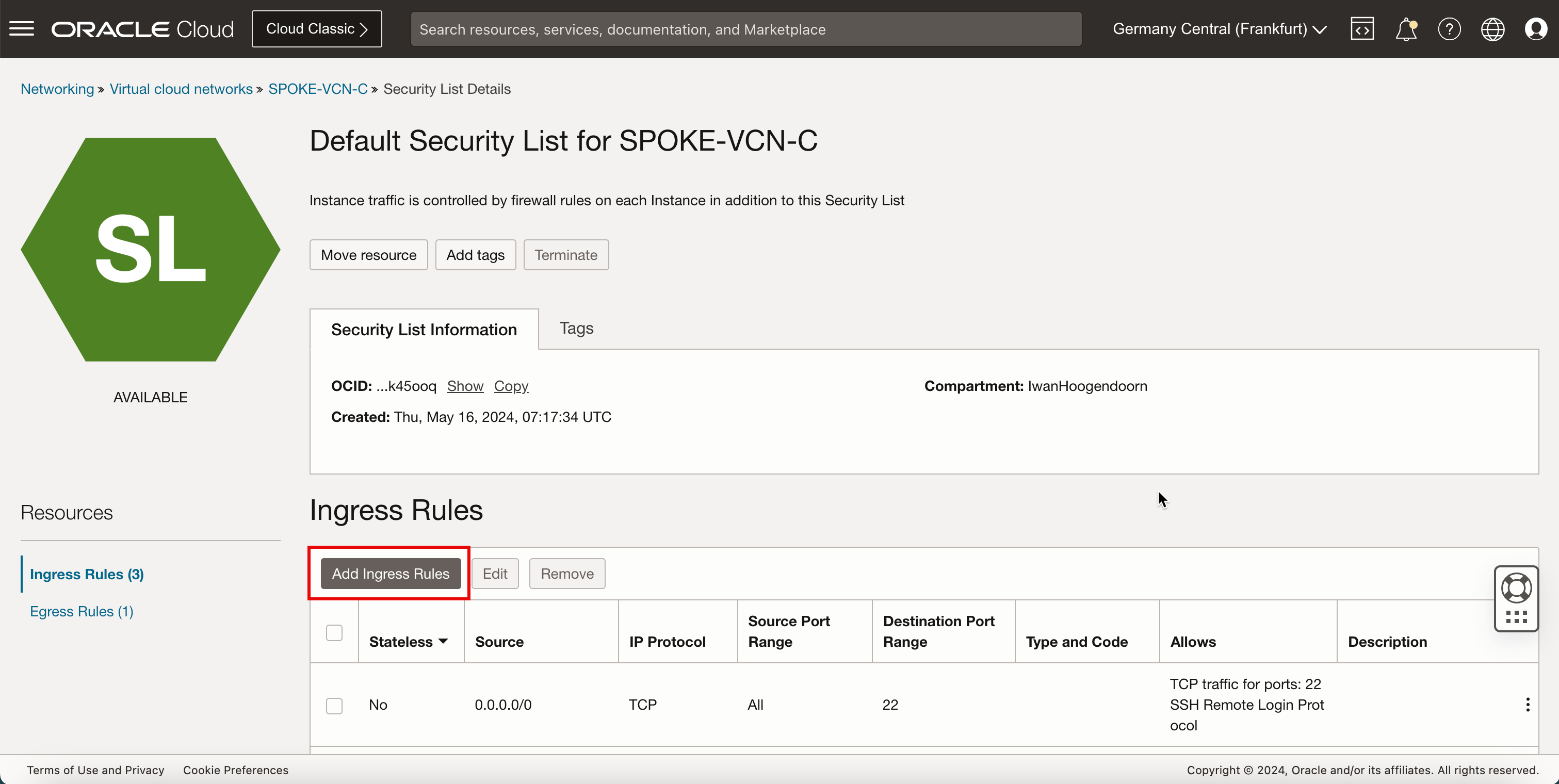

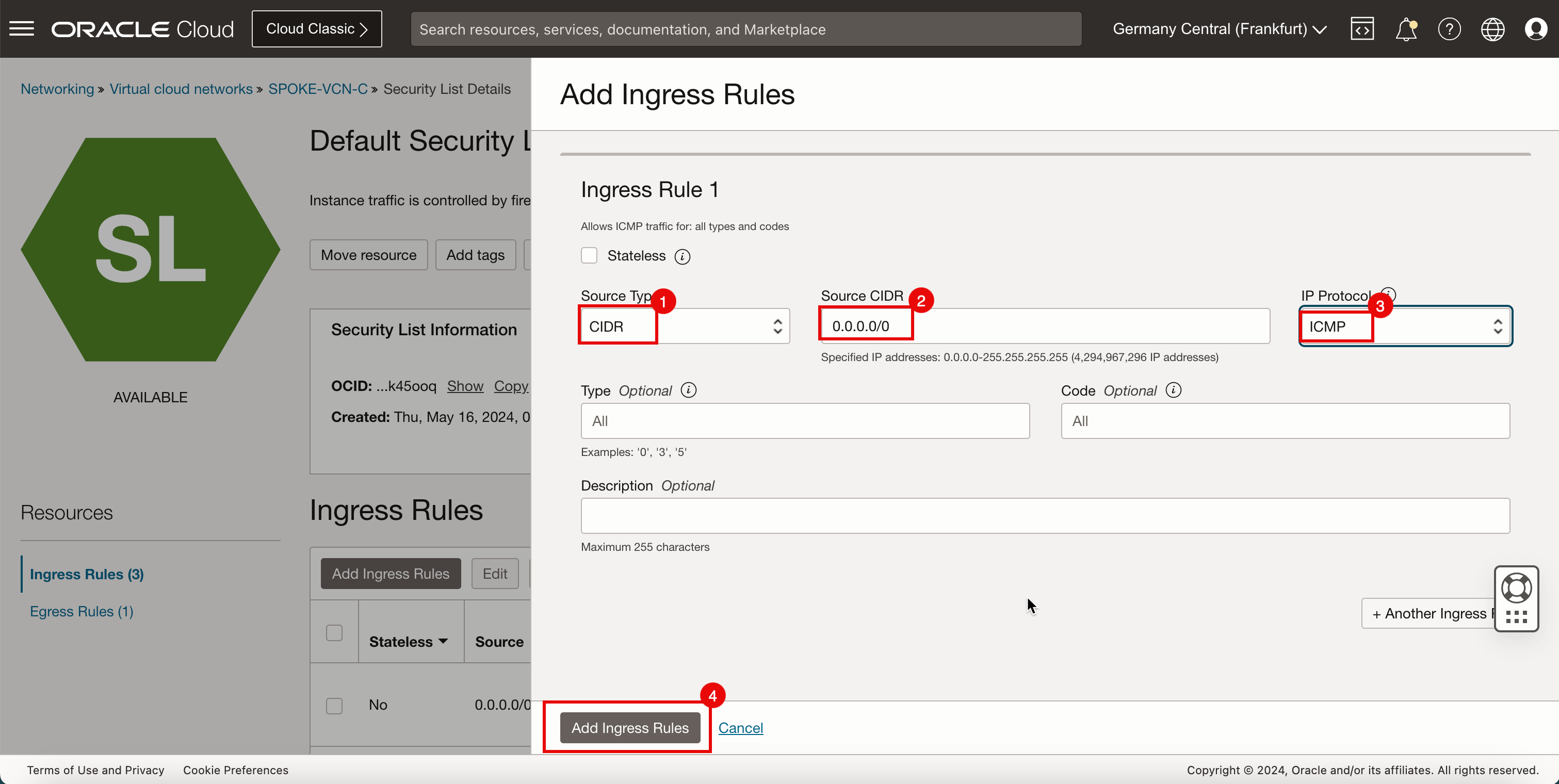

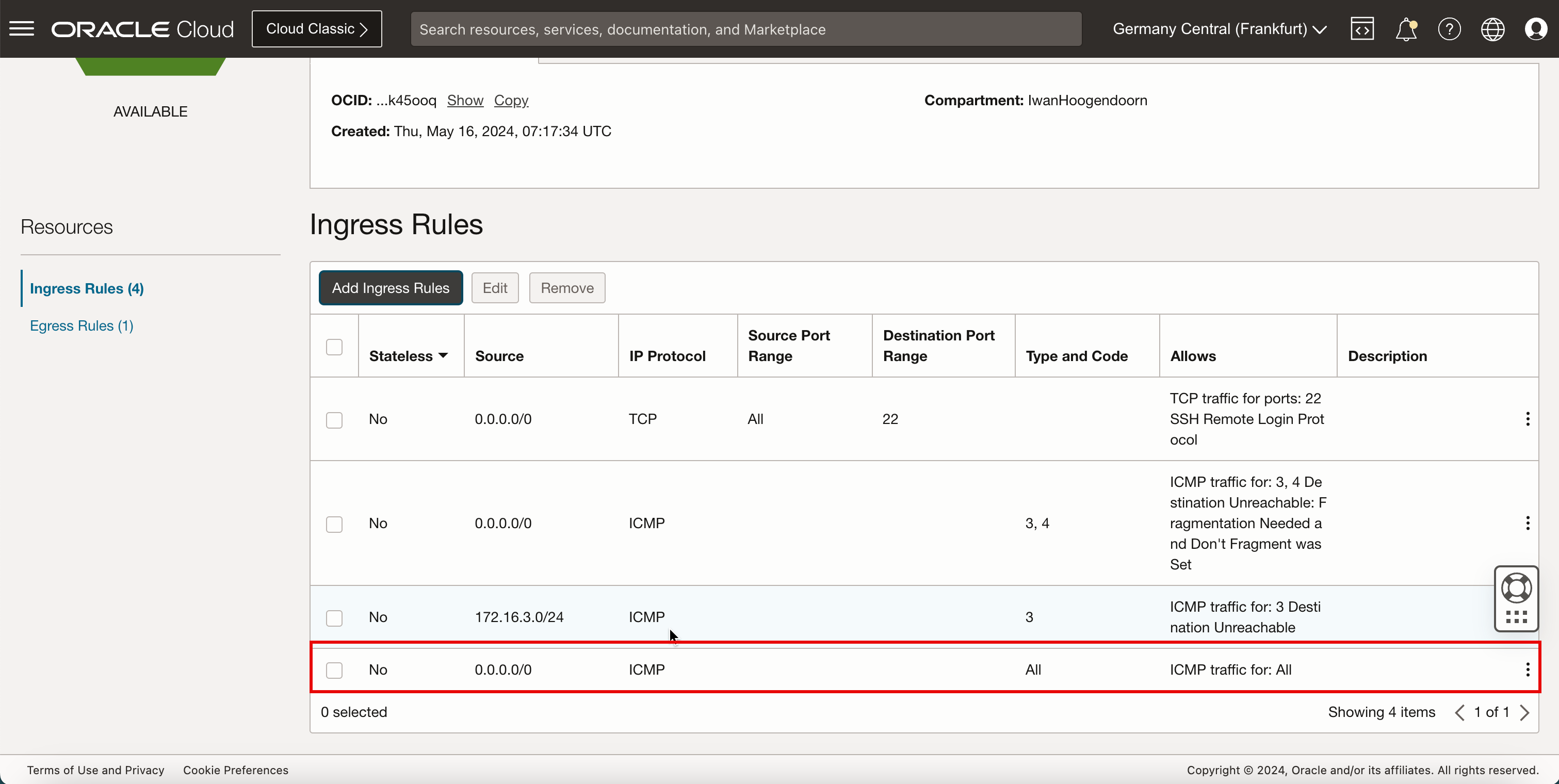

스포크 VCN C에서 수신 규칙 추가

-

Spoke VCN C를 누릅니다.

- 아래로.

- Security Lists를 누릅니다.

- SPOKE-VCN-C에 대한 기본 보안 목록을 누릅니다.

-

수신 규칙 추가를 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

0.0.0.0/0을 입력합니다. - IP 프로토콜에서 ICMP를 선택합니다.

- 수신 규칙 추가를 누릅니다.

-

ICMP 규칙이 추가되었음을 알 수 있습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 7: 허브 방화벽 검사를 사용하여 여러 VCN과 인터넷 간의 경로 지정 구성

이미 필요한 모든 구성 요소가 있습니다. 이제 라우팅을 구성해야 합니다. 경로 지정을 구성하려면 먼저 VCN을 DRG에 연결해야 합니다.

이후에는 서로 다른 VCN 라우팅 테이블, DRG 라우팅 테이블을 생성하고 이러한 라우팅 테이블을 서로 다른 VCN, DRG VCN 연결, 서브넷 및 게이트웨이에 연결하는 데 필요한 연결을 생성합니다.

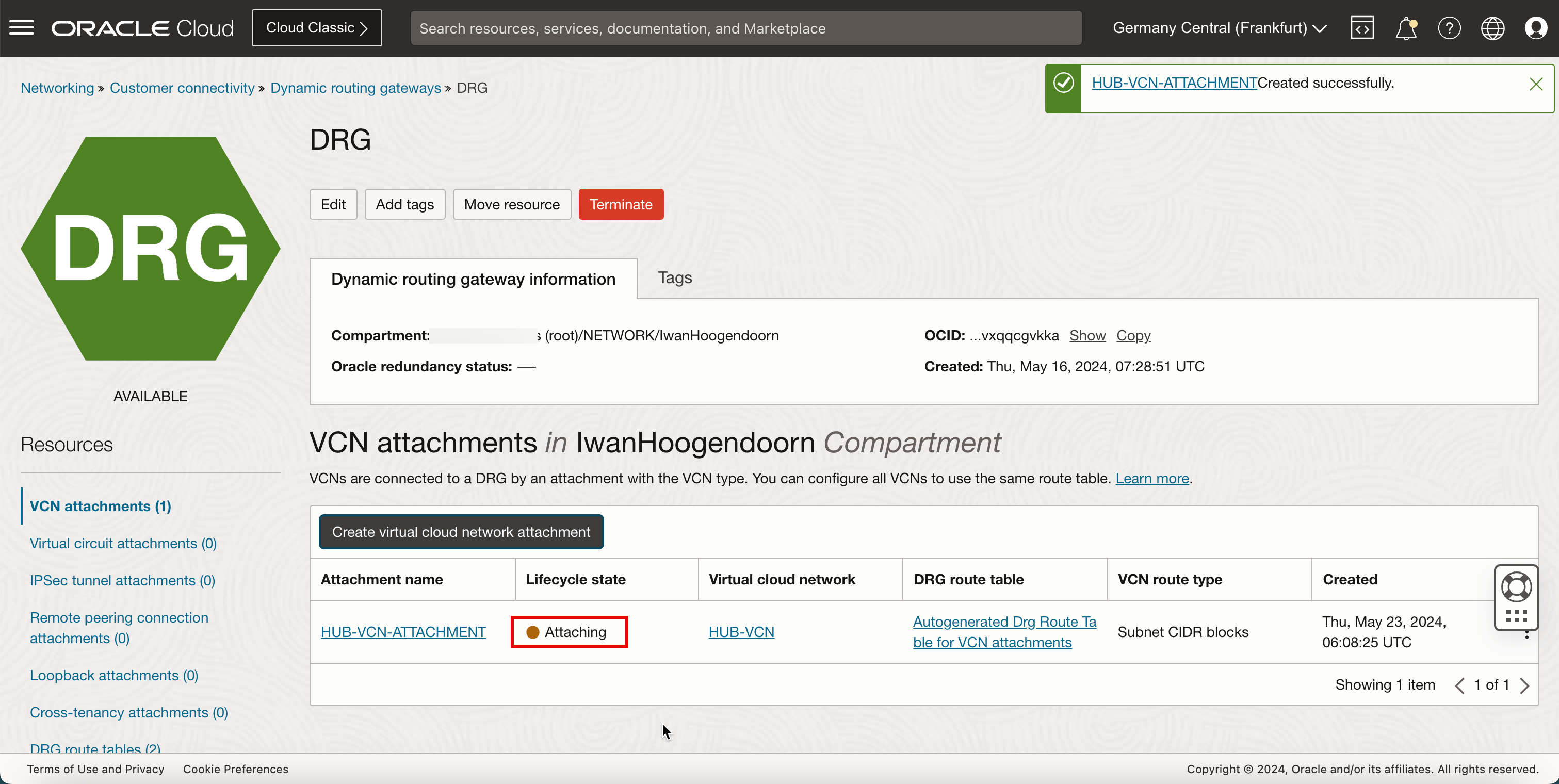

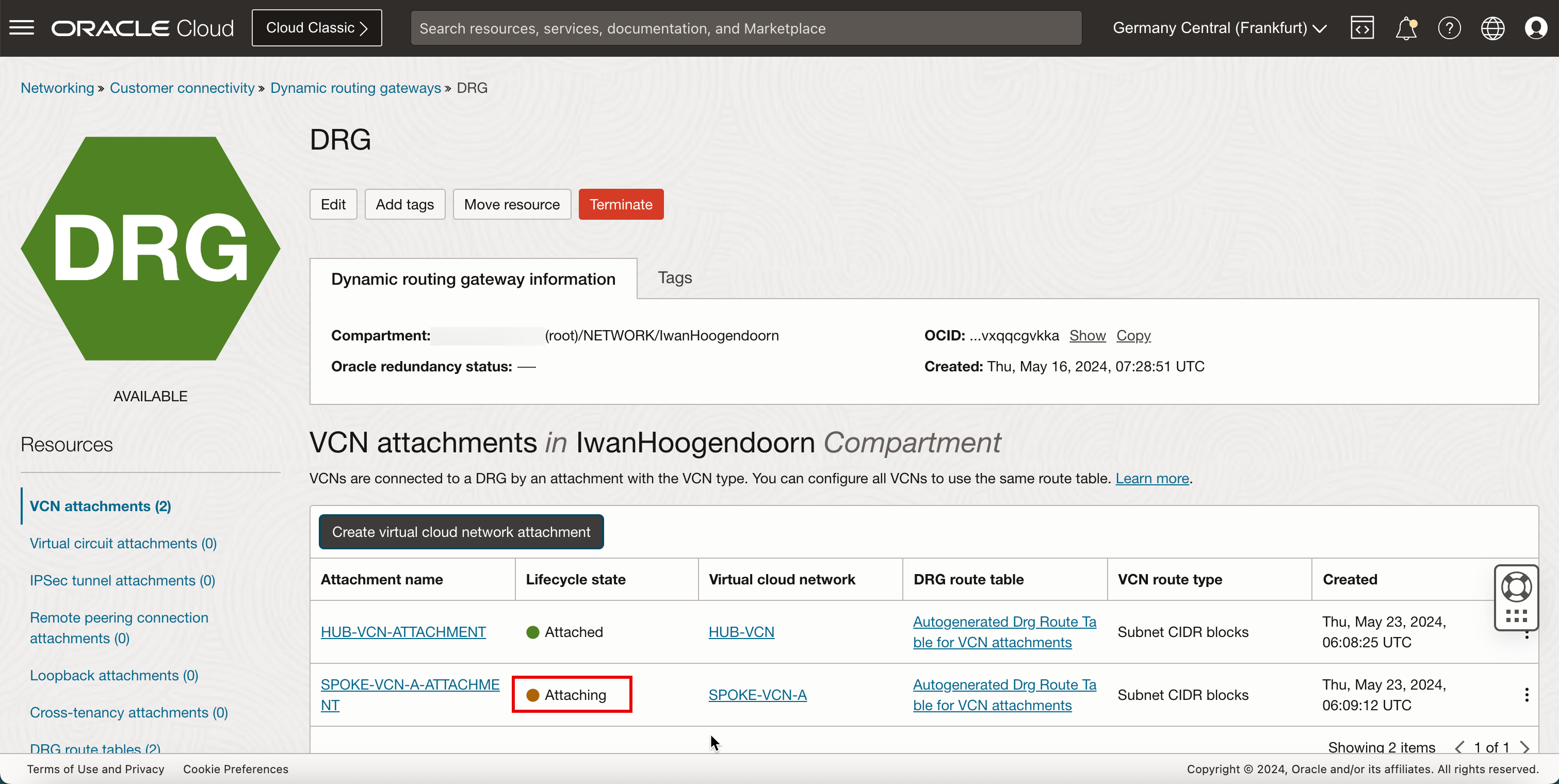

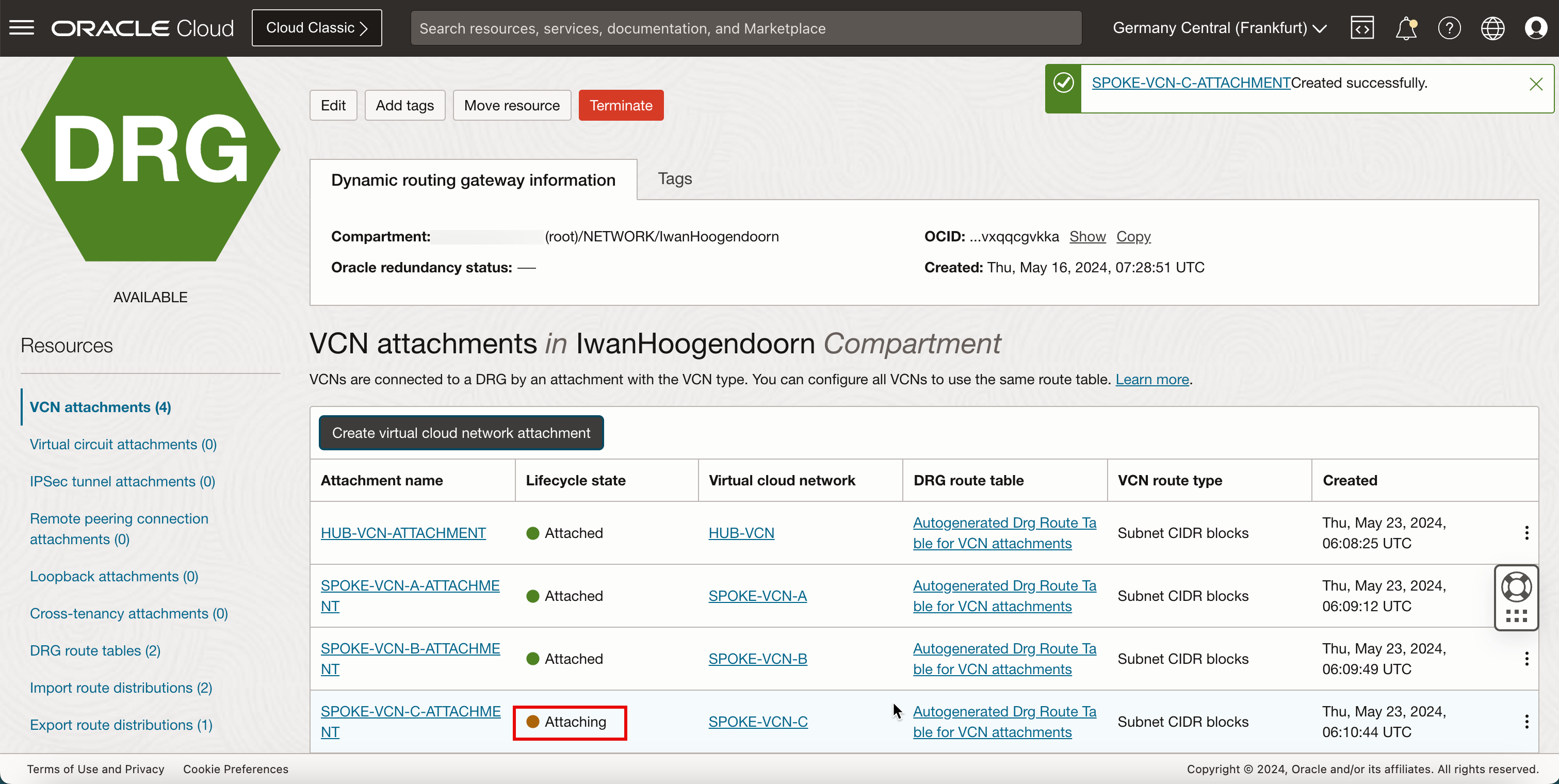

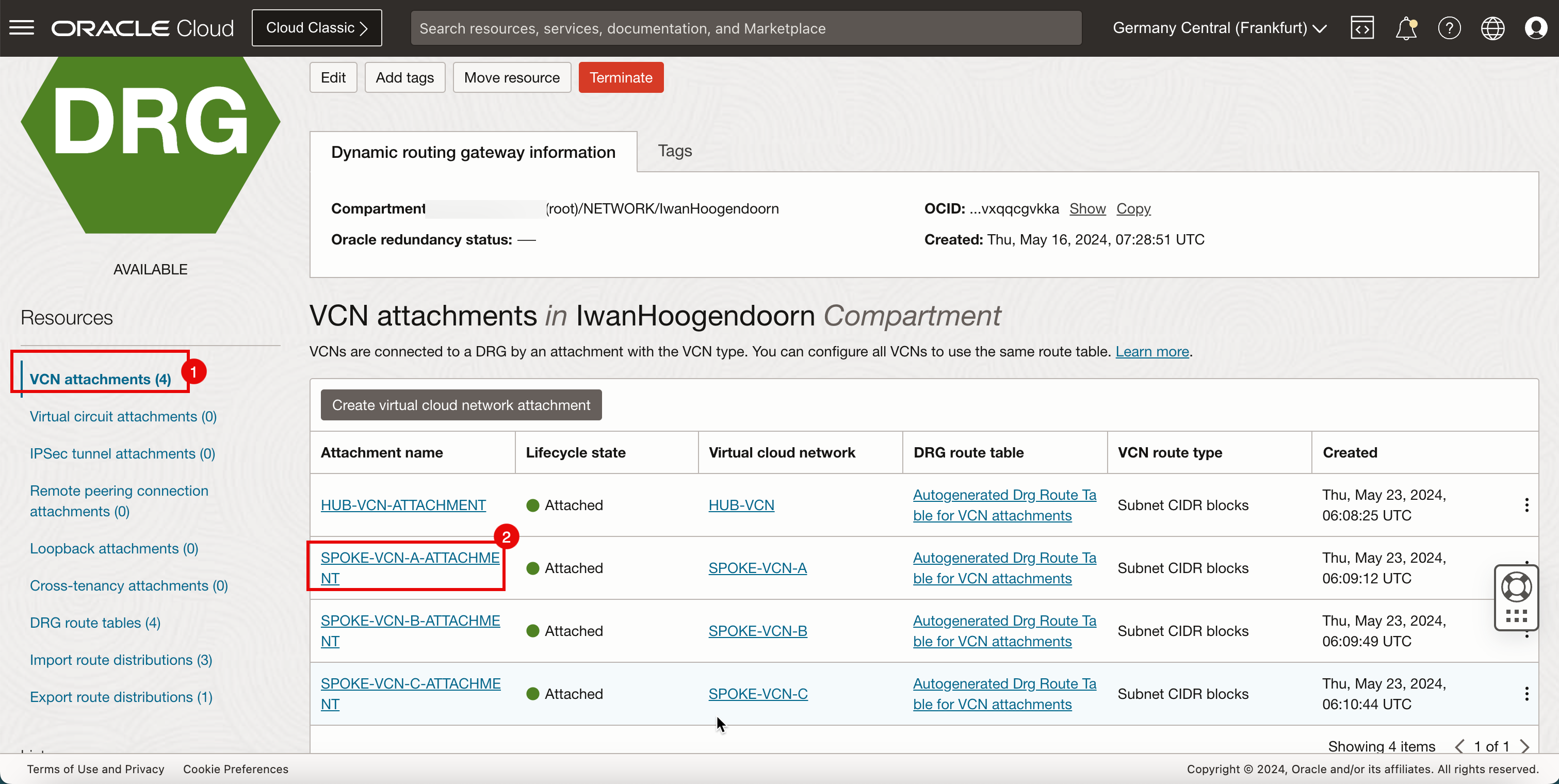

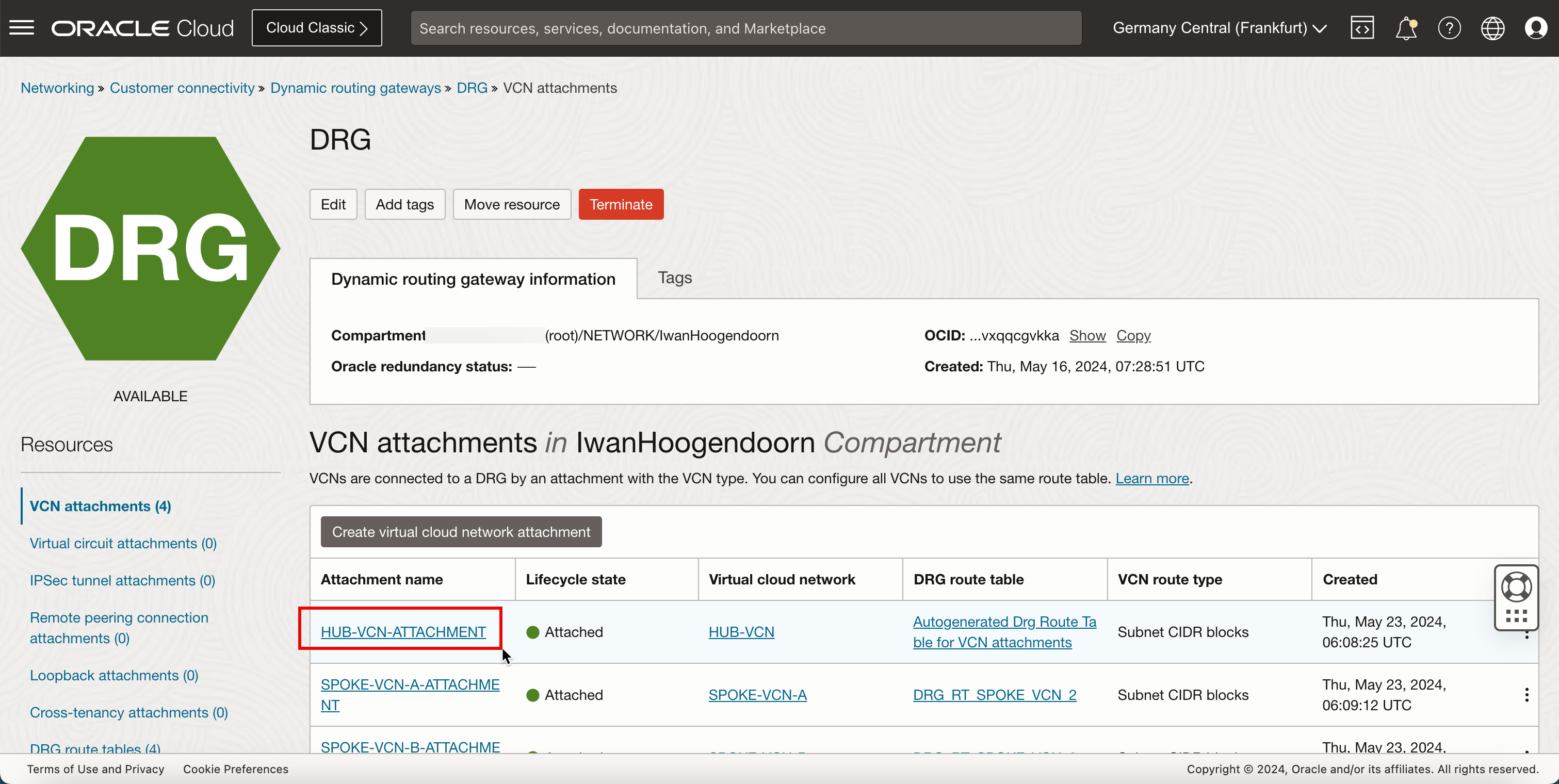

작업 7.1: DRG에서 VCN 연결 생성

-

DRG에 VCN 연결을 생성합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 동적 경로 지정 게이트웨이를 누릅니다.

-

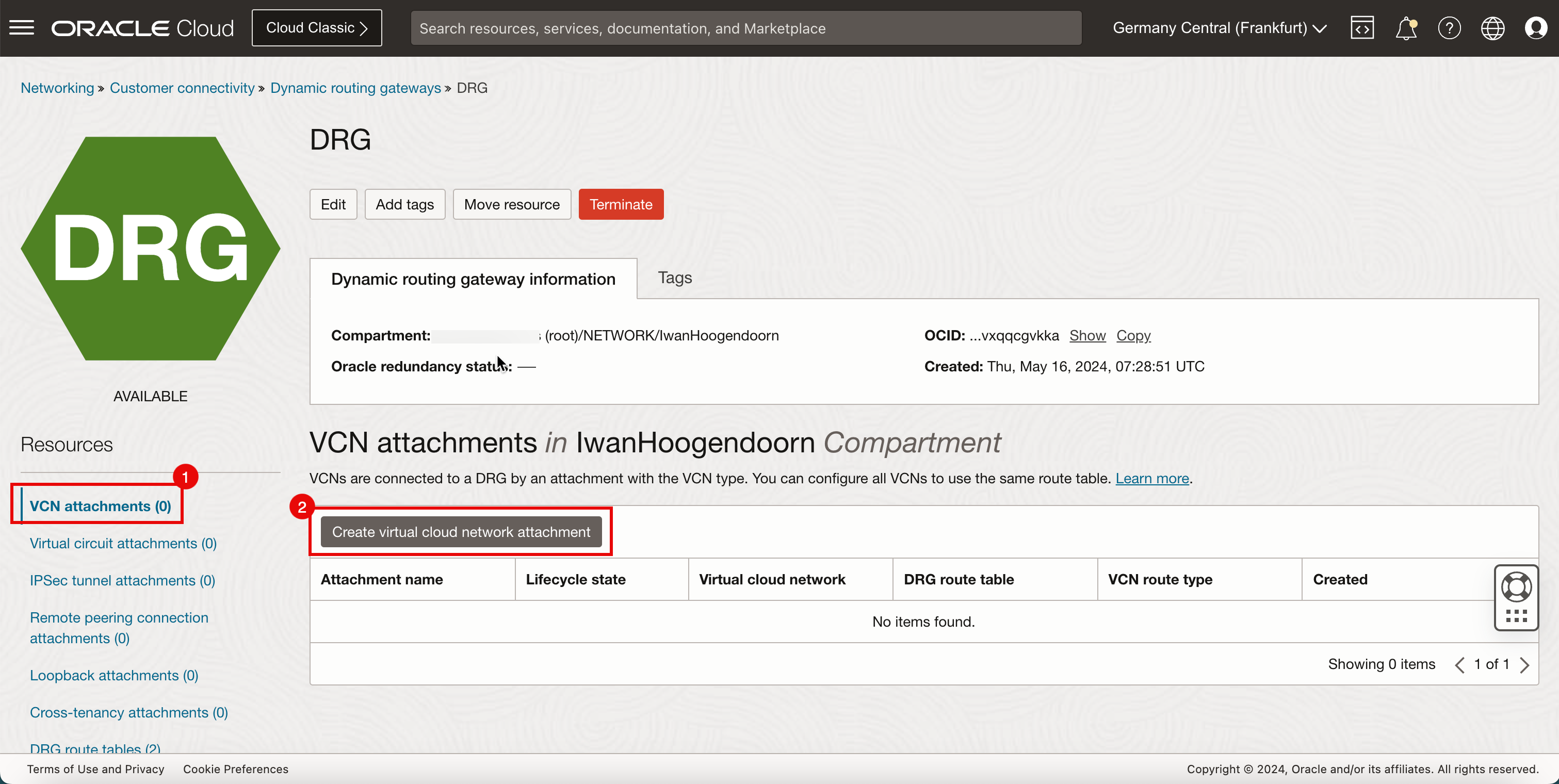

작업 3에서 생성된 DRG를 누릅니다.

- VCN 연결을 누릅니다.

- 가상 네트워크 연결 생성을 누릅니다.

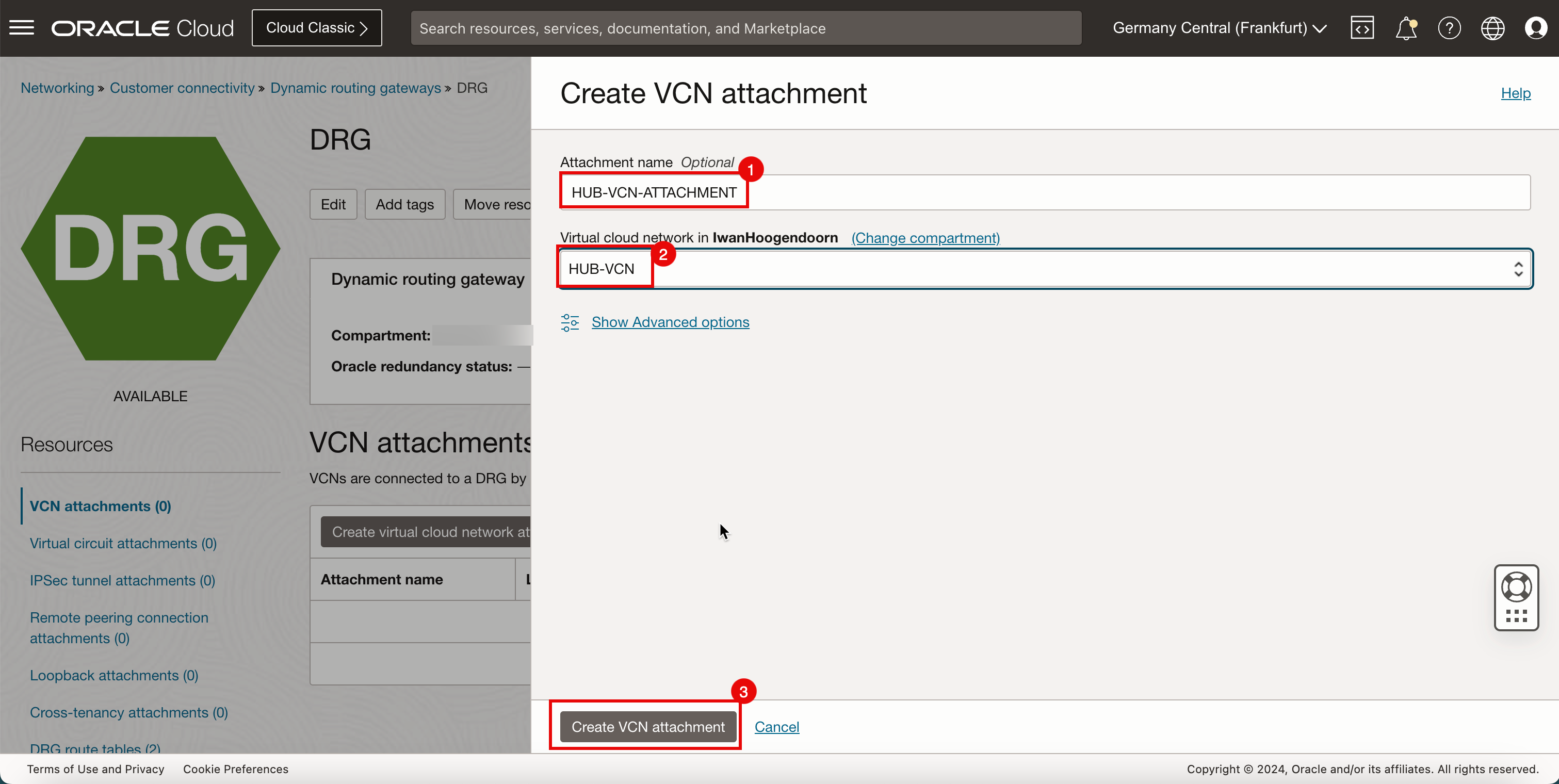

- 허브 VCN에 대한 첨부 파일 이름을 입력합니다.

- 허브 VCN을 선택합니다.

- Create VCN attachment를 누릅니다.

-

허브 VCN 상태가 연결입니다.

-

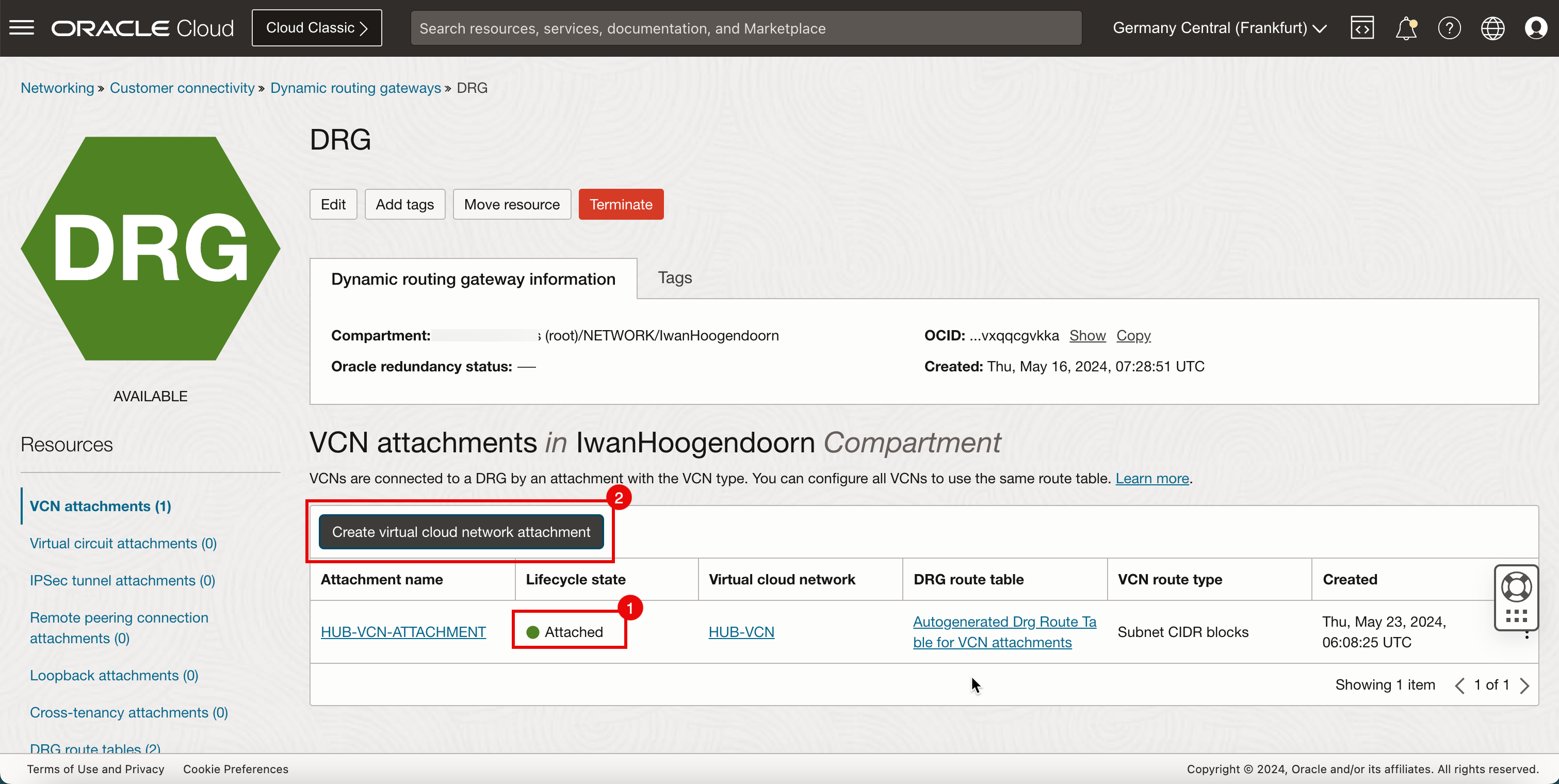

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

- 허브 VCN 상태가 연결됨으로 변경되었습니다.

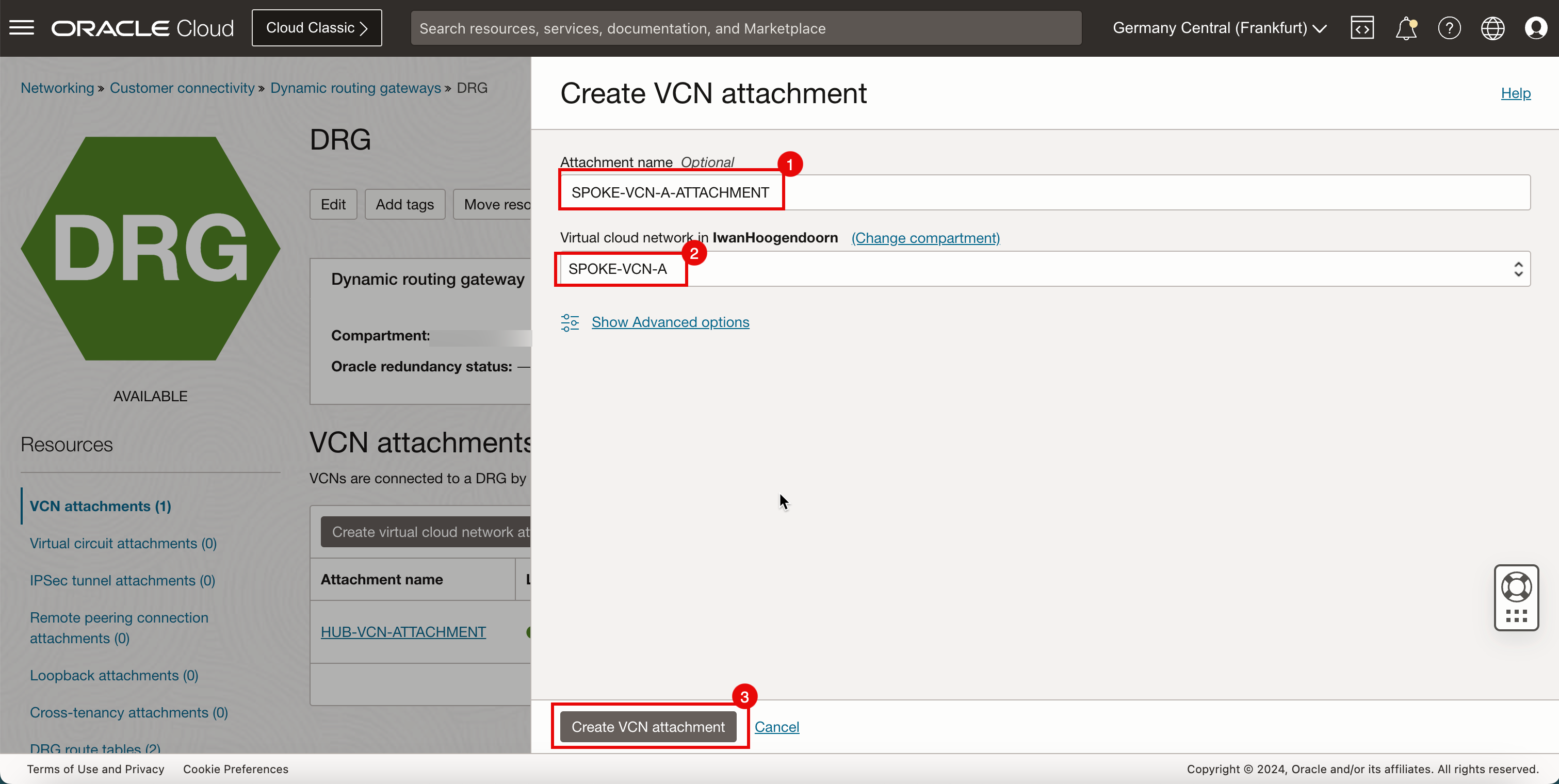

- 가상 네트워크 첨부 생성을 눌러 다음 첨부를 생성합니다.

- 스포크 VCN A에 대한 첨부 이름을 입력합니다.

- 스포크 VCN A를 선택합니다.

- Create VCN attachment를 누릅니다.

-

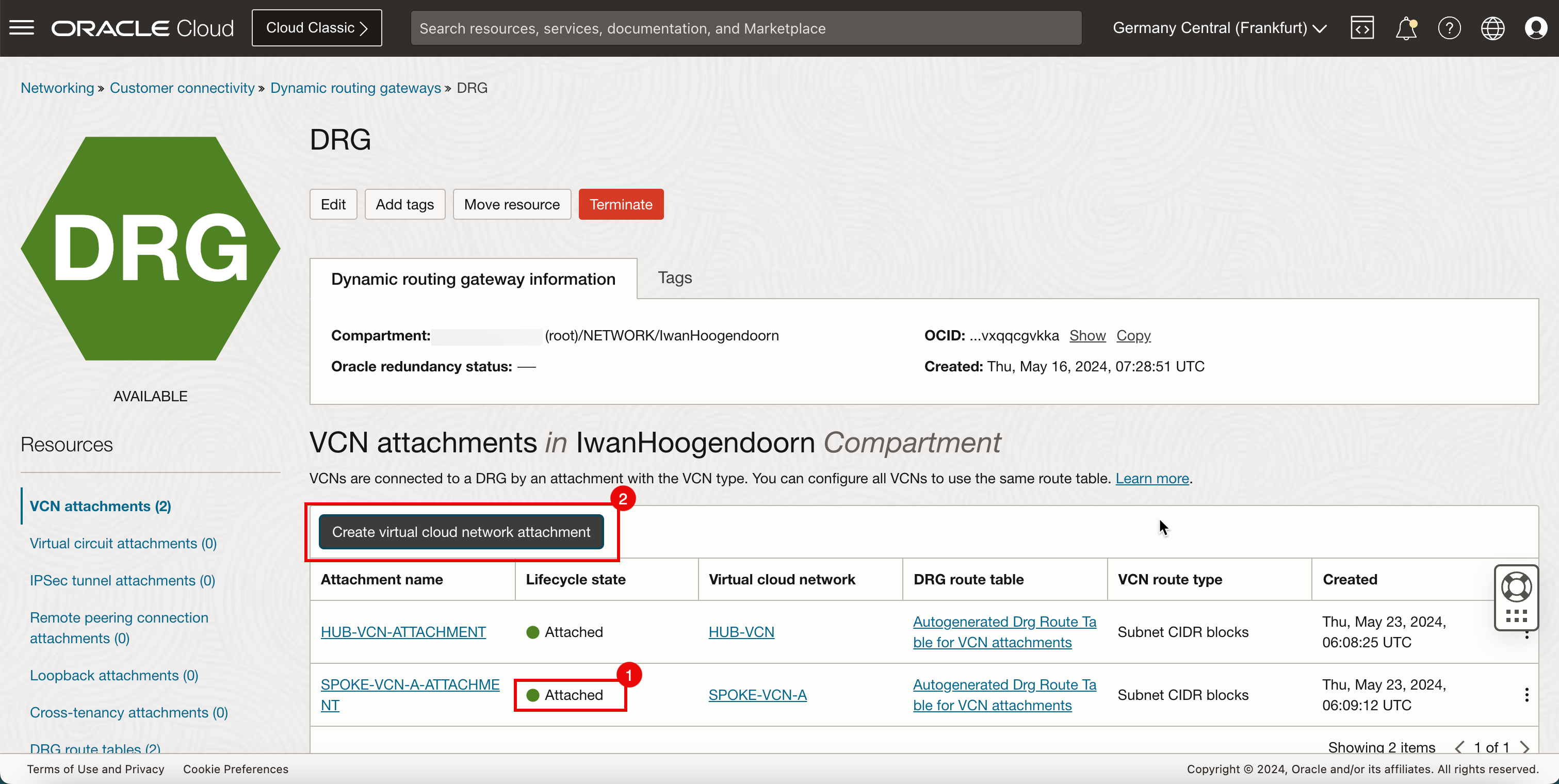

스포크 VCN A 상태는 연결 중입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

- 스포크 VCN A 상태가 연결됨으로 변경되었습니다.

- 가상 네트워크 첨부 생성을 눌러 다음 첨부를 생성합니다.

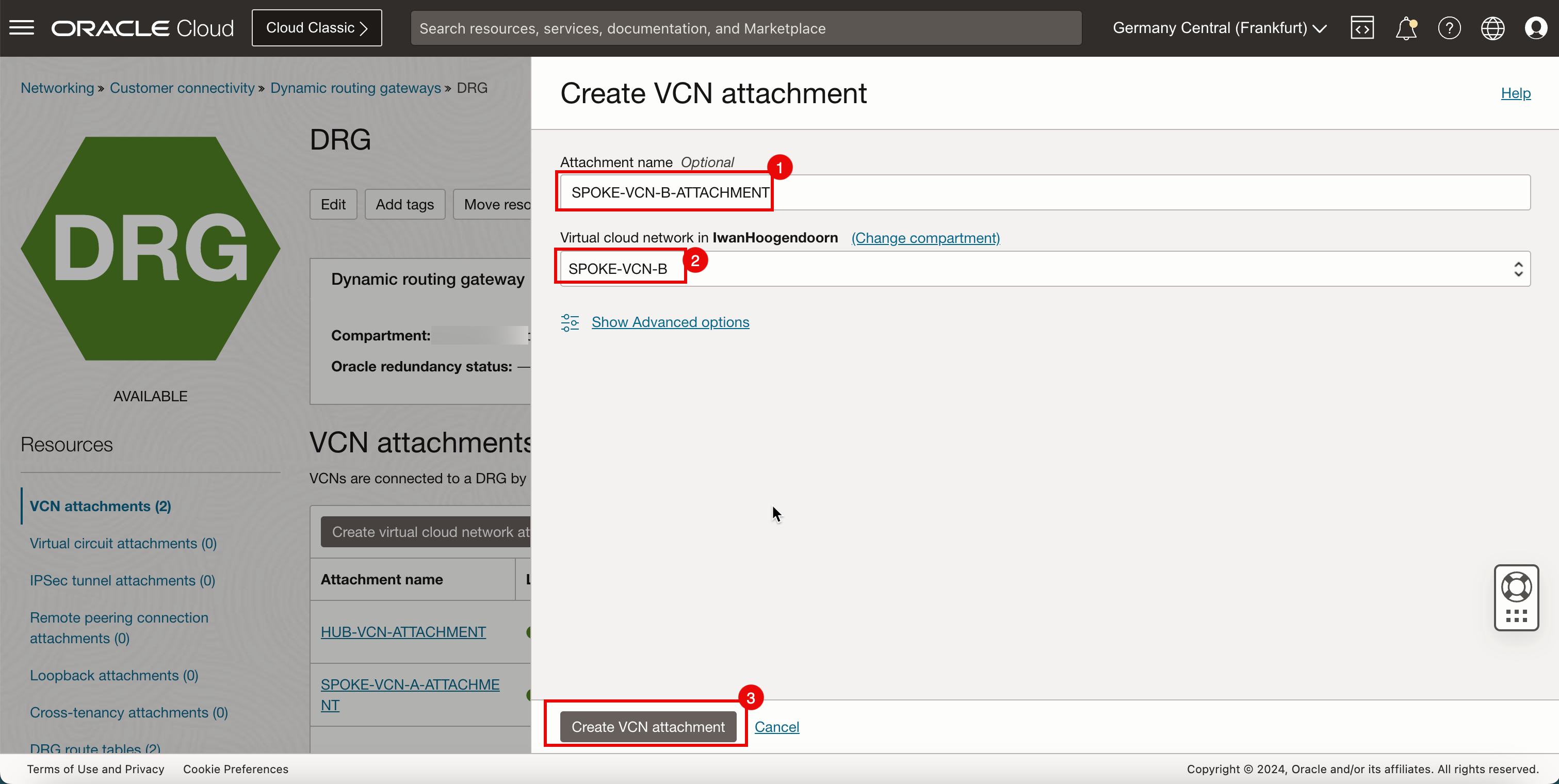

- 스포크 VCN B에 대한 첨부 이름을 입력합니다.

- 스포크 VCN B를 선택합니다.

- Create VCN attachment를 누릅니다.

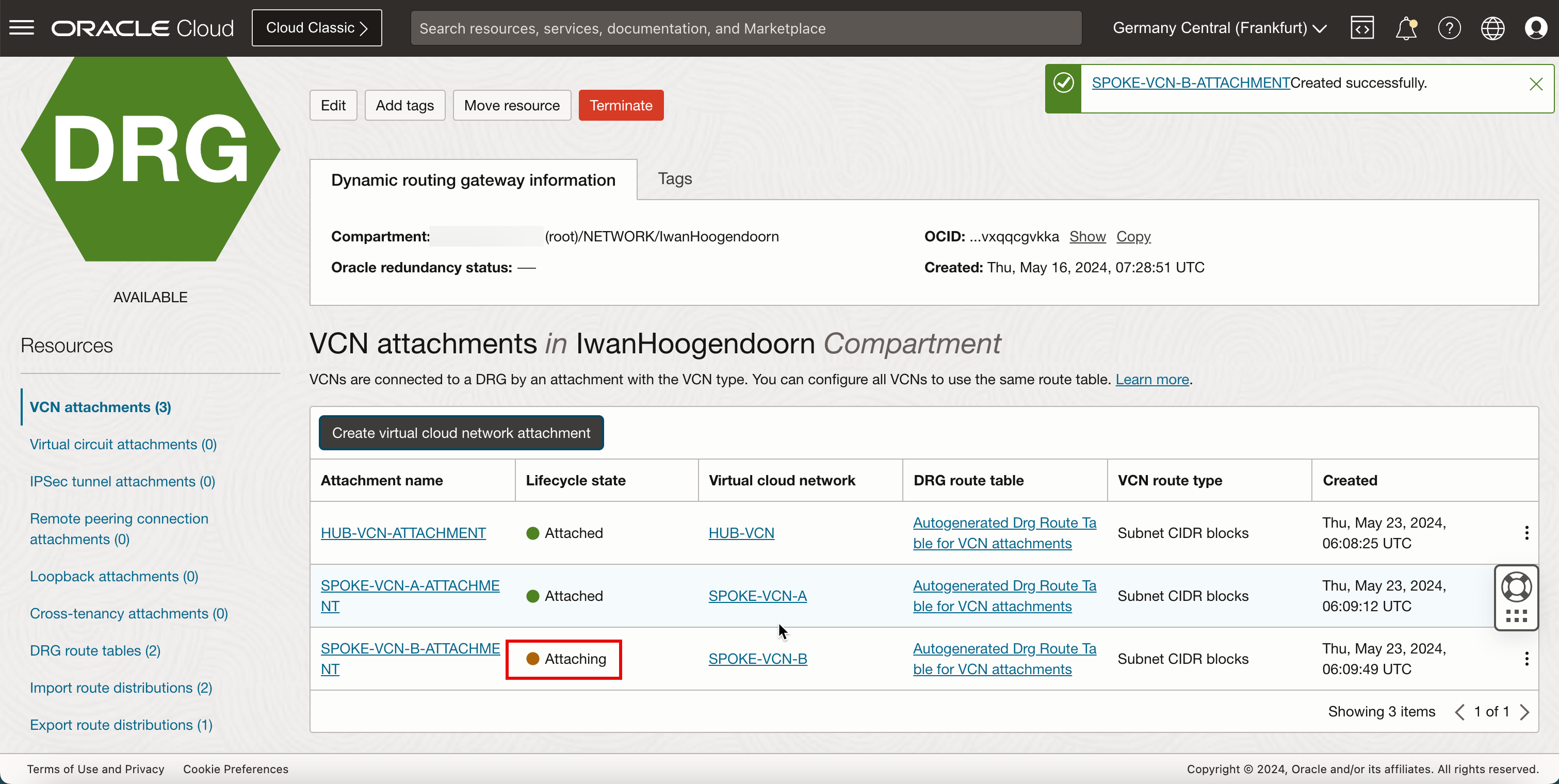

-

스포크 VCN B 상태는 연결 상태입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

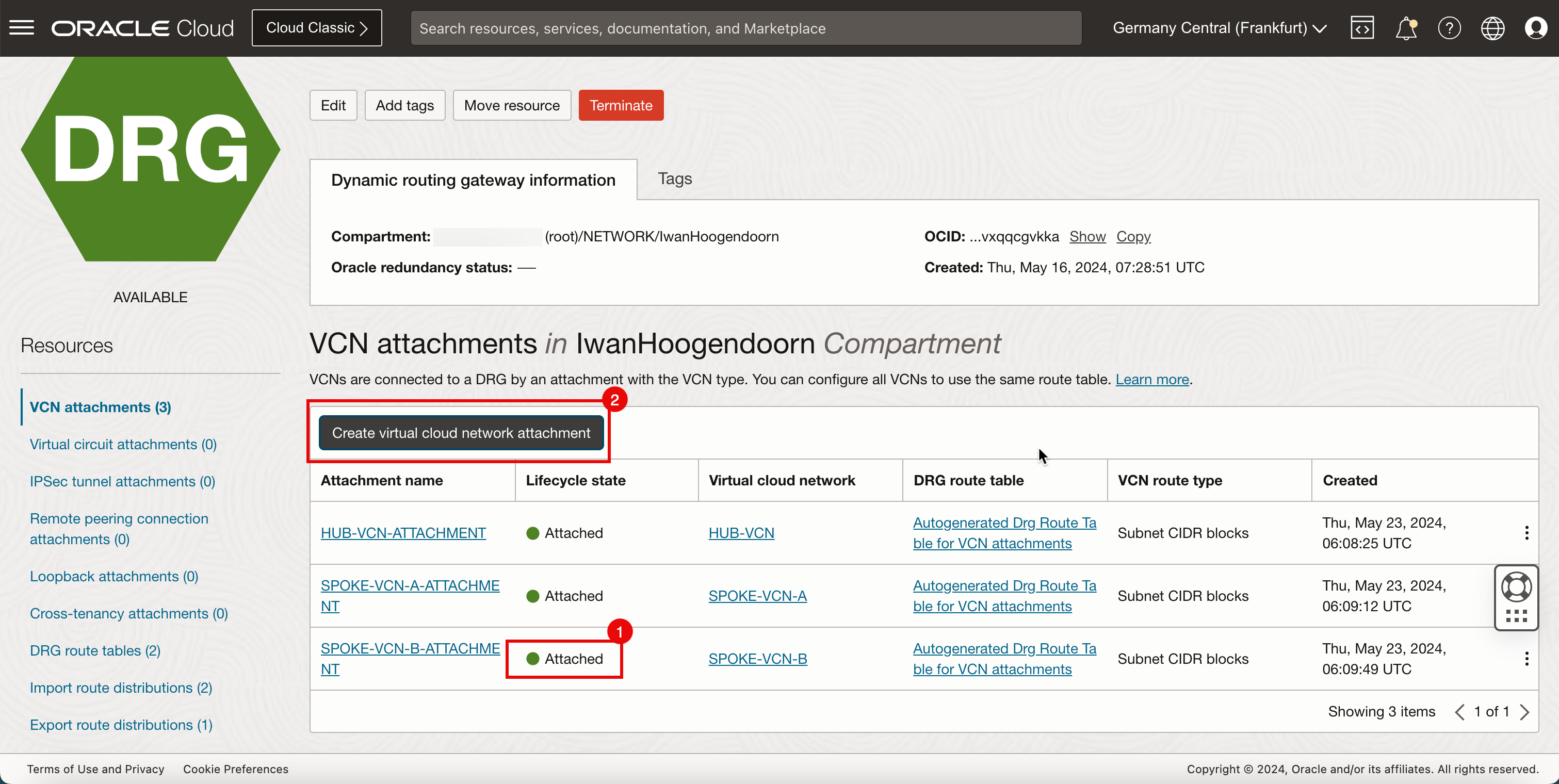

- 스포크 VCN B 상태가 연결됨으로 변경되었습니다.

- 가상 네트워크 첨부 생성을 눌러 다음 첨부를 생성합니다.

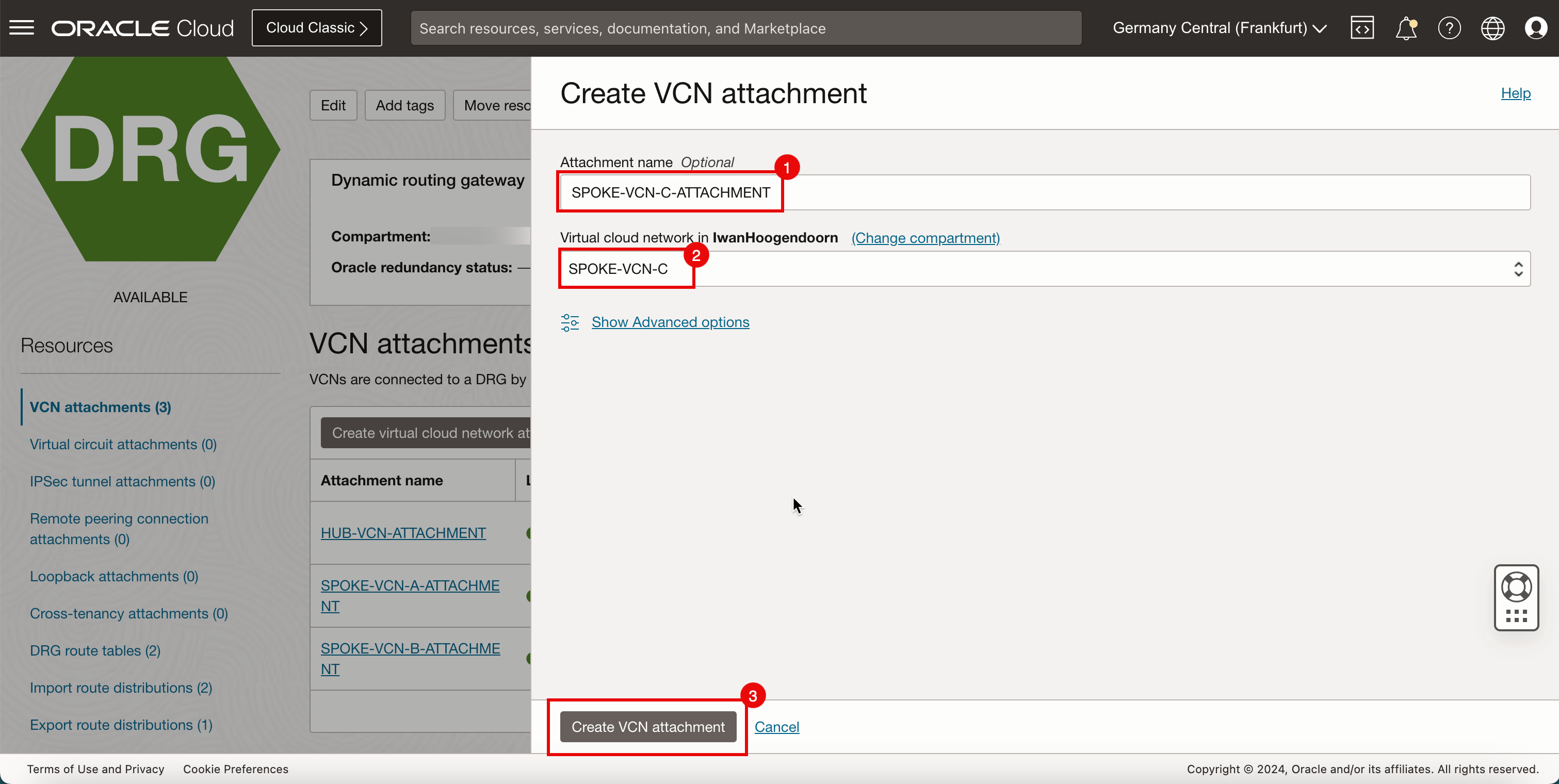

- 스포크 VCN C에 대한 첨부 이름을 입력합니다.

- Spoke VCN C를 선택합니다.

- Create VCN attachment를 누릅니다.

-

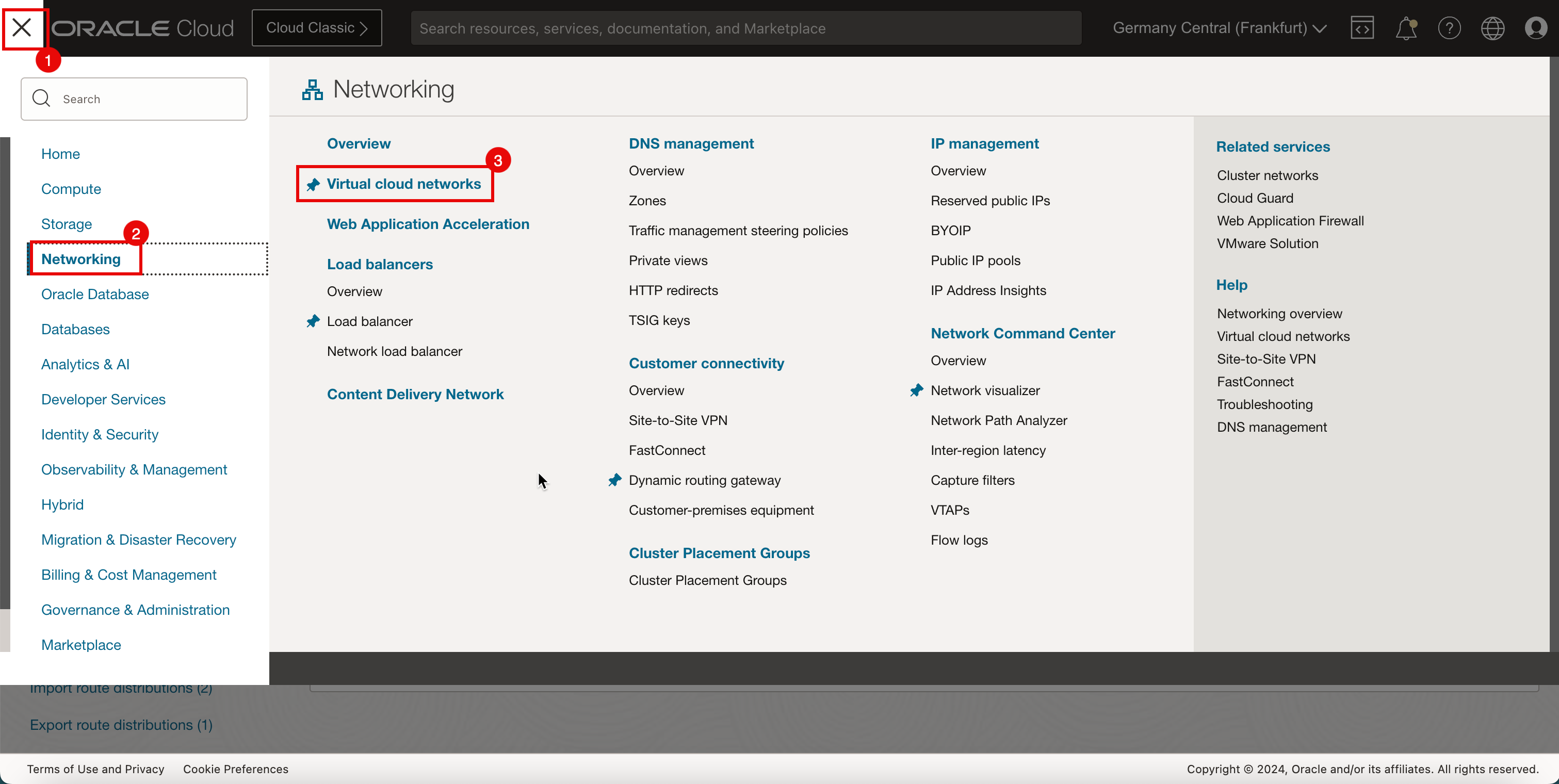

스포크 VCN C 상태는 연결 상태입니다.

-

스포크 VCN C 상태가 연결됨으로 변경되었습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 7.2: 스포크 VCN 경로 지정 테이블 생성 및 구성

VCN 라우팅 테이블과 DRG 라우팅 테이블이라는 두 가지 유형의 라우팅 테이블을 생성해야 합니다.

주: VCN을 생성할 때 기본적으로 기본 경로 지정 테이블이 생성됩니다.

-

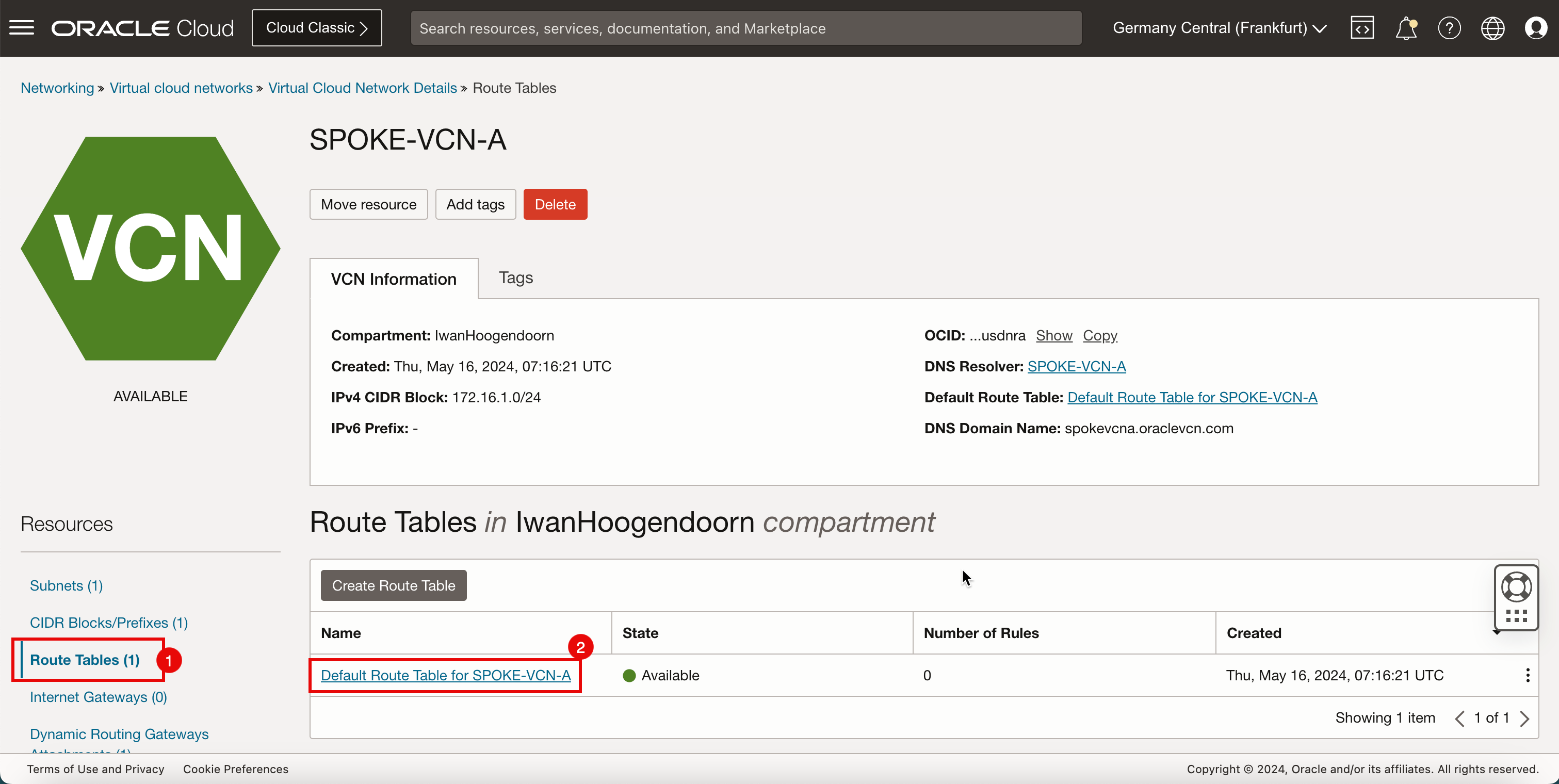

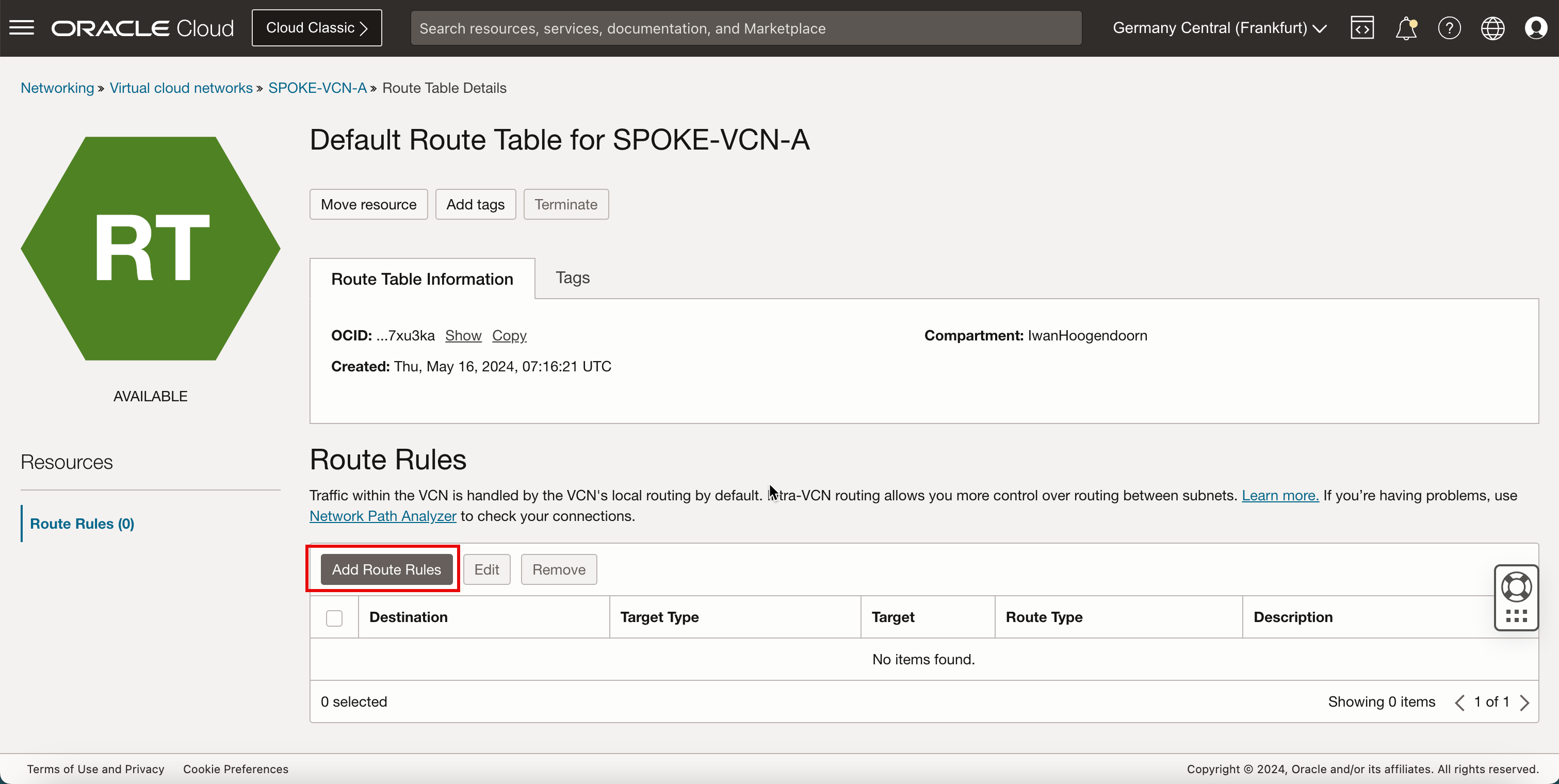

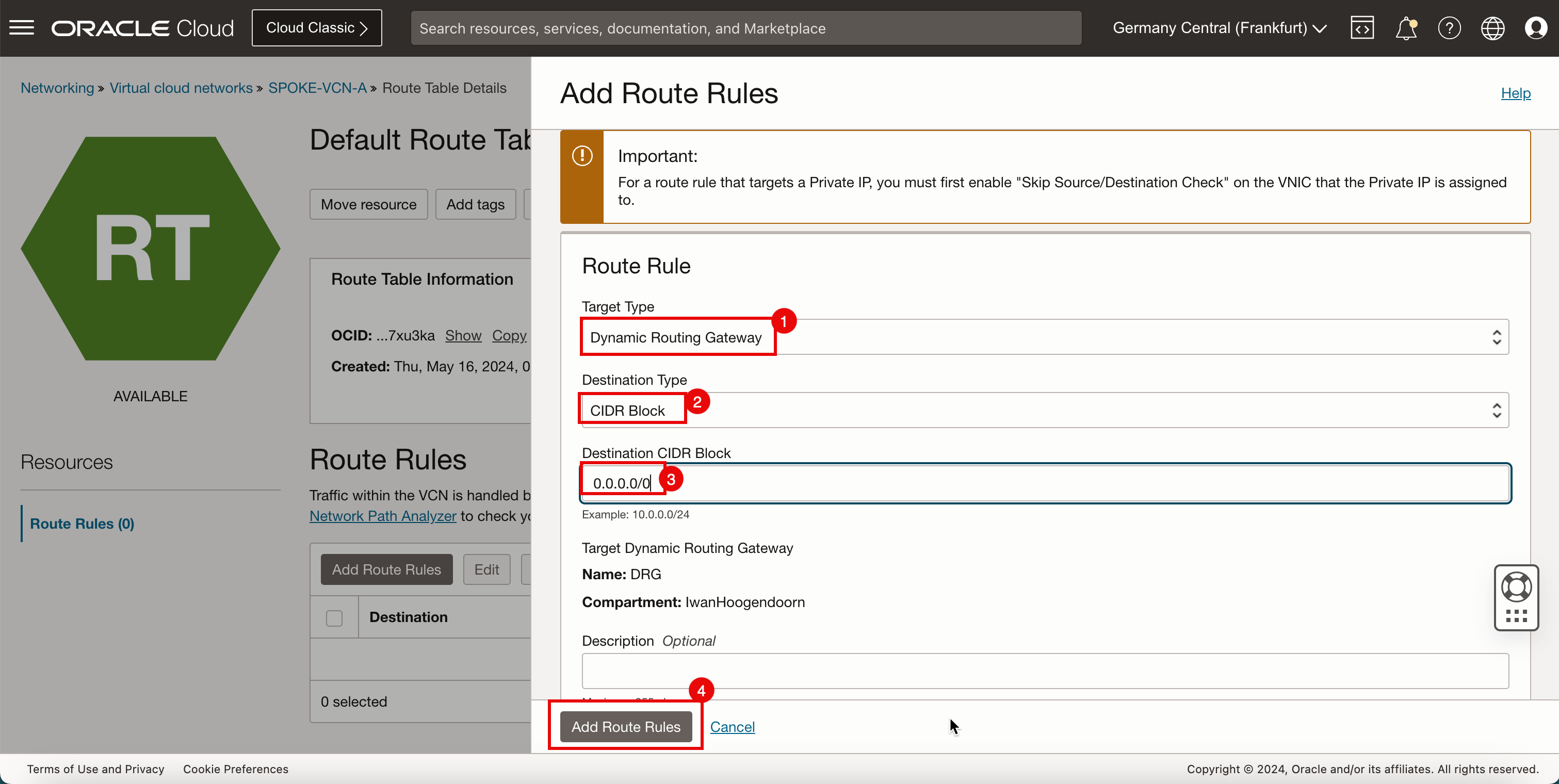

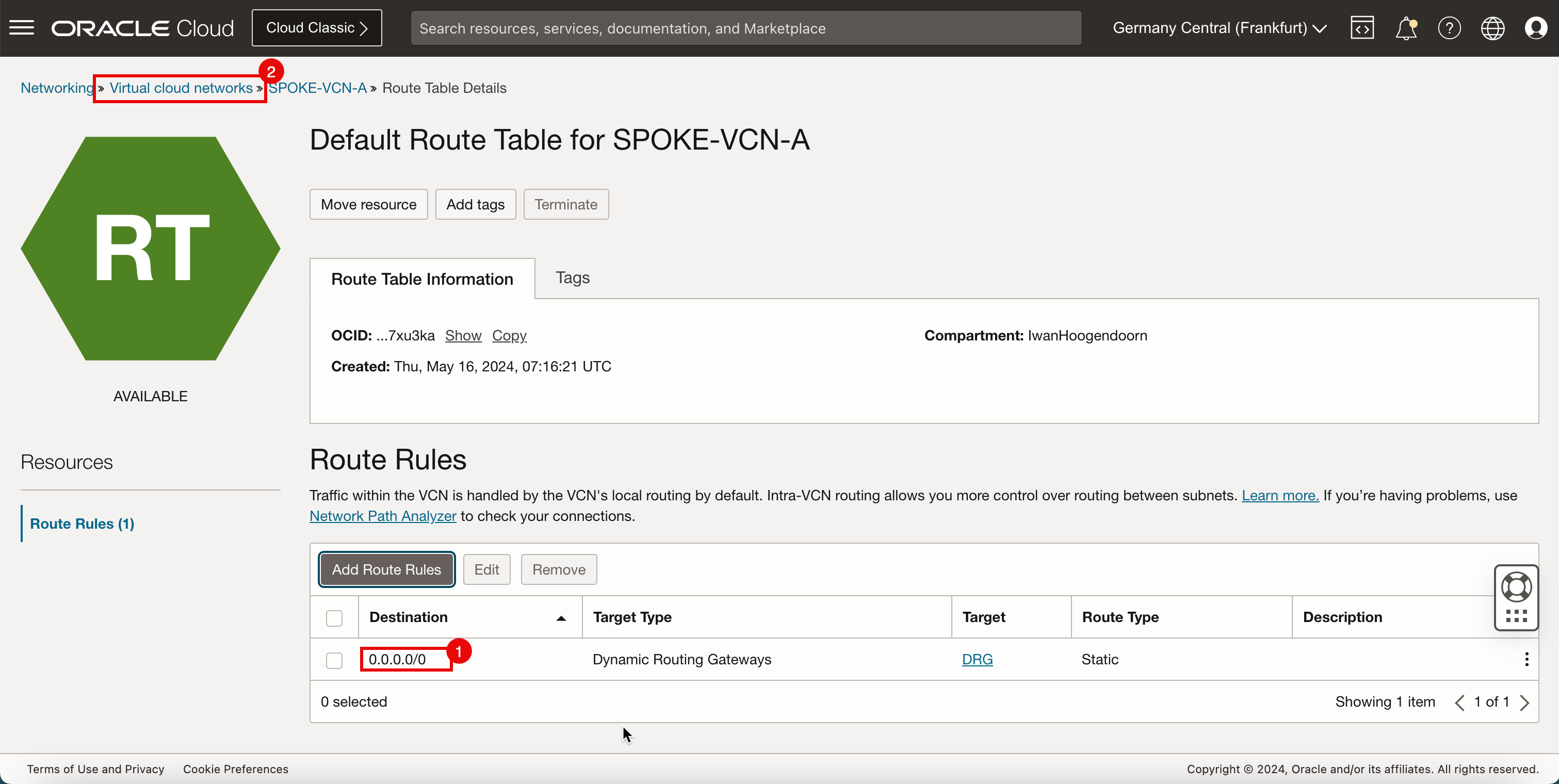

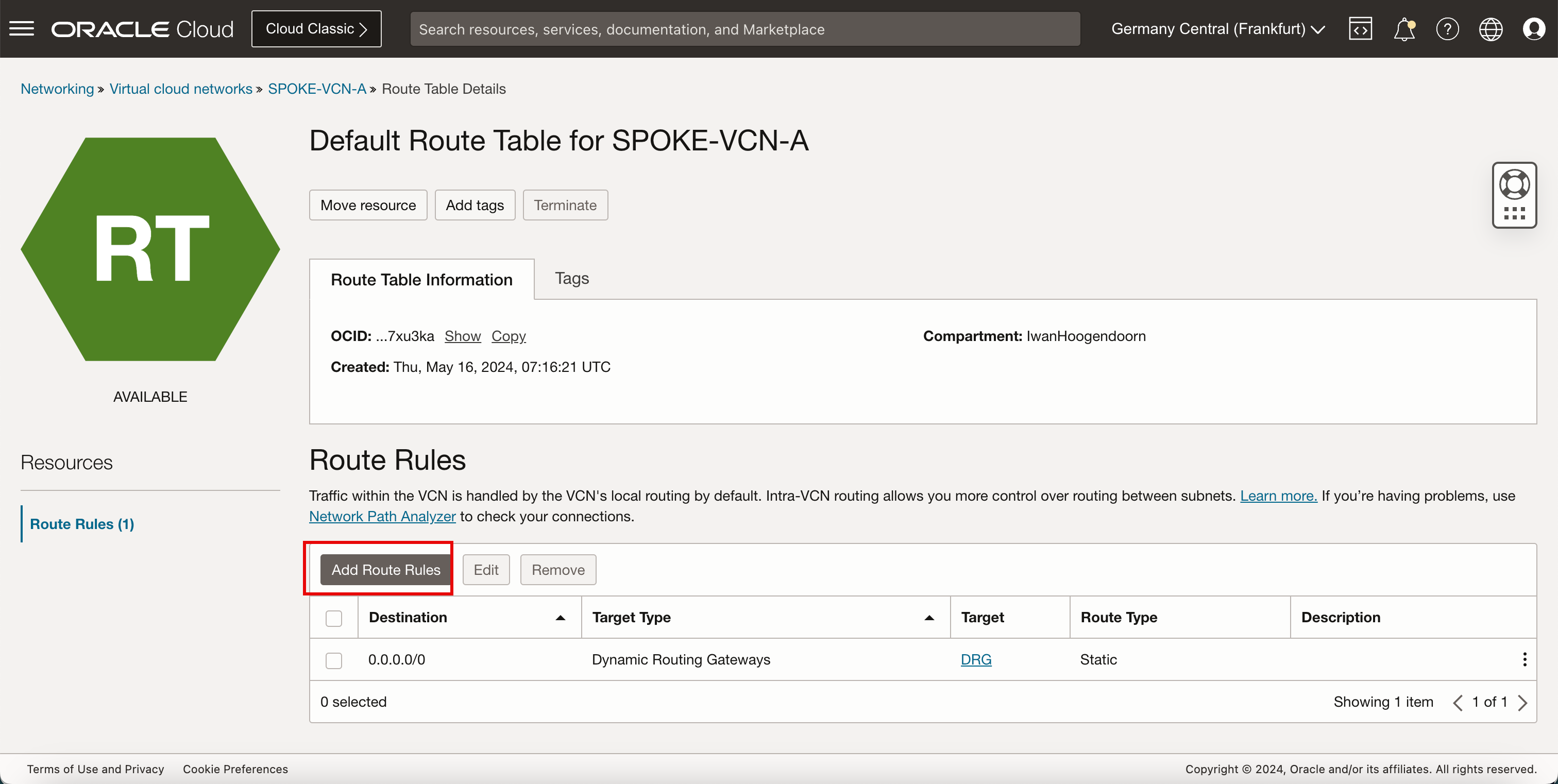

스포크 VCN A에는 기본 VCN 라우팅 테이블만 있습니다.

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 - 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 가상 클라우드 네트워크를 누릅니다.

-

Spoke VCN A를 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-A의 기본 경로 테이블을 누릅니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - Add Route Rules를 누릅니다.

-

이 규칙은 스포크 VCN A에서 DRG로 들어오는 모든 트래픽을 라우팅합니다.

- 이제

0.0.0.0/0경로가 스포크 VCN A의 기본 경로 테이블에 추가됩니다. - 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

- 이제

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

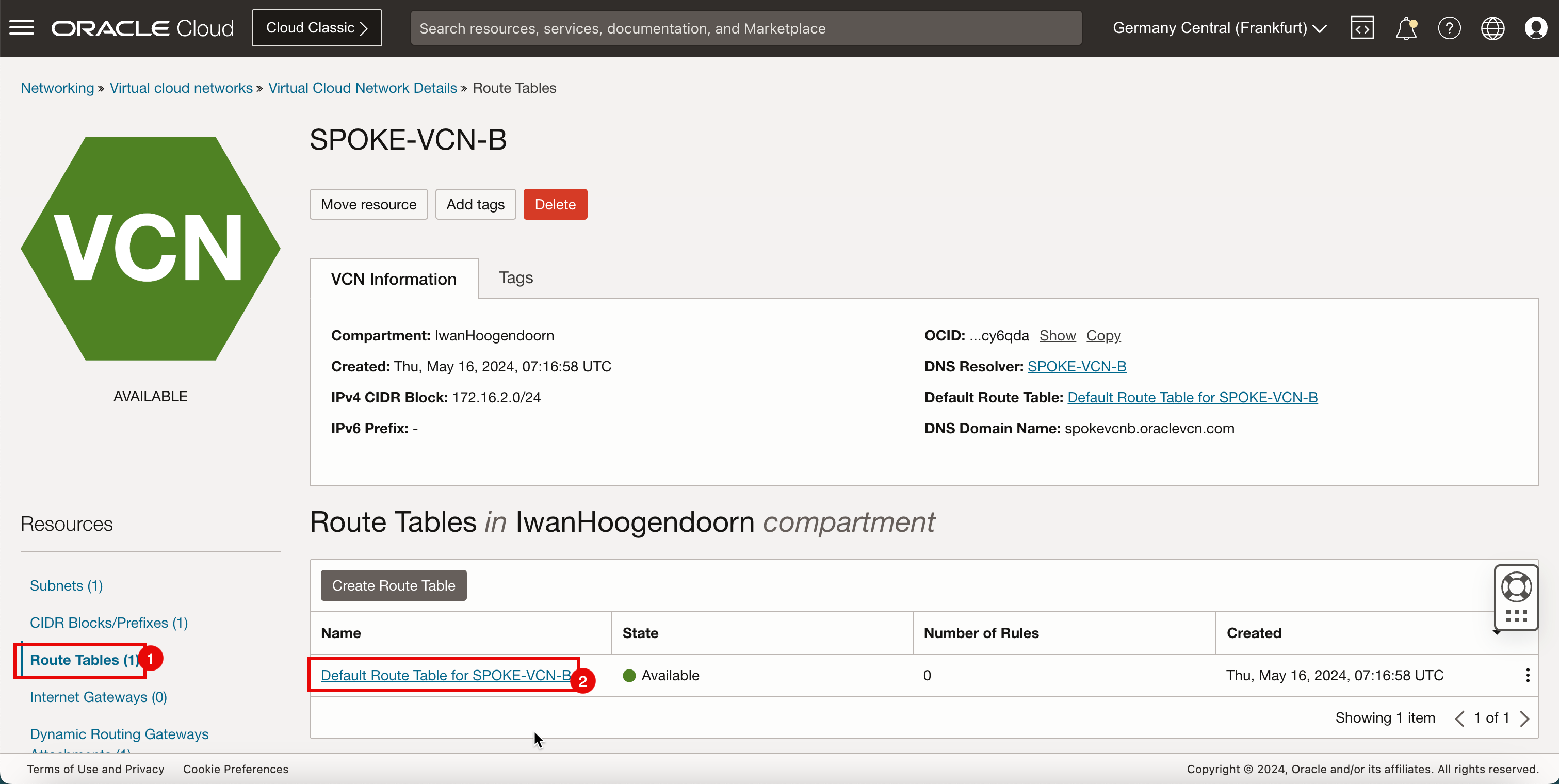

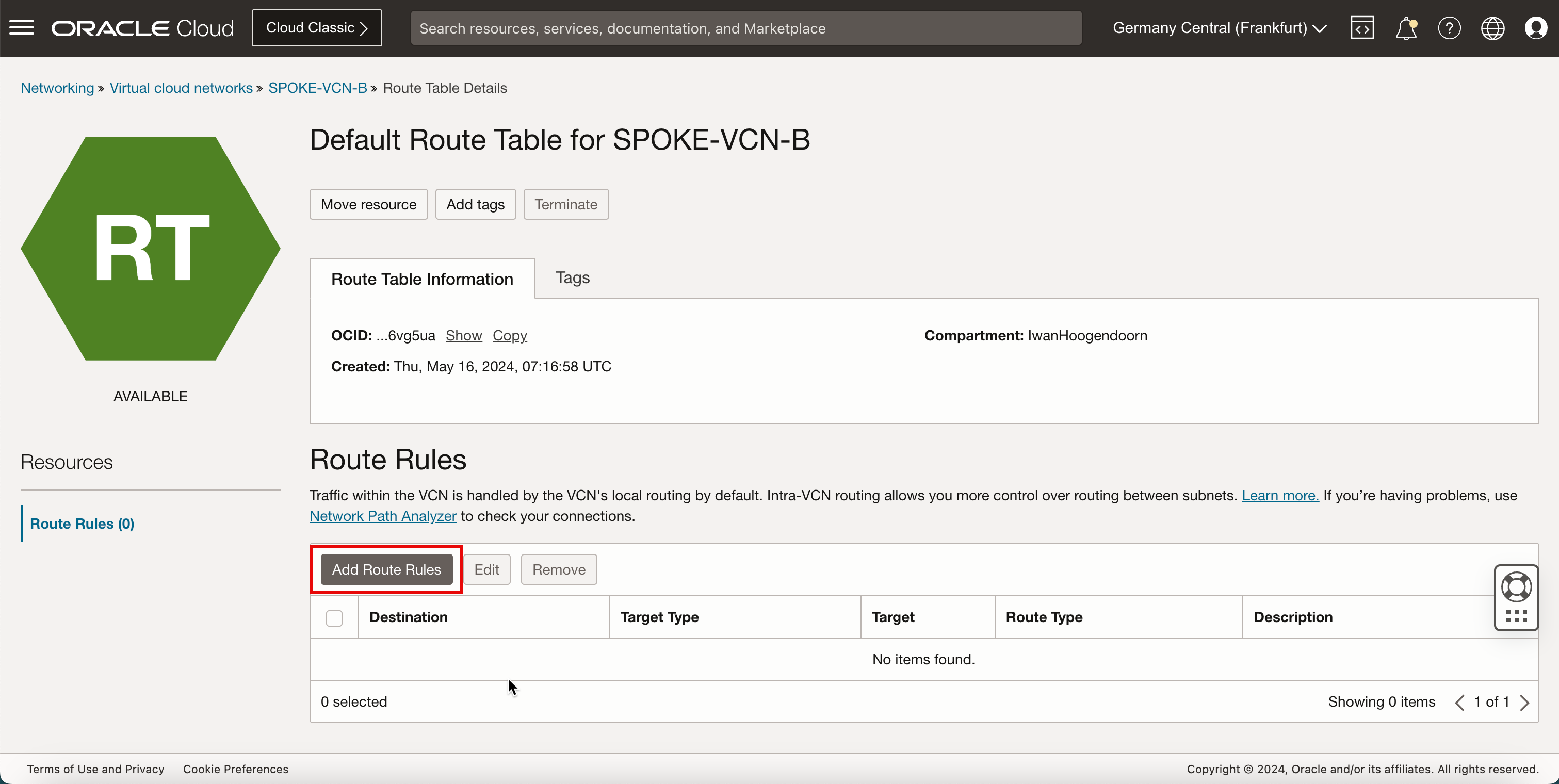

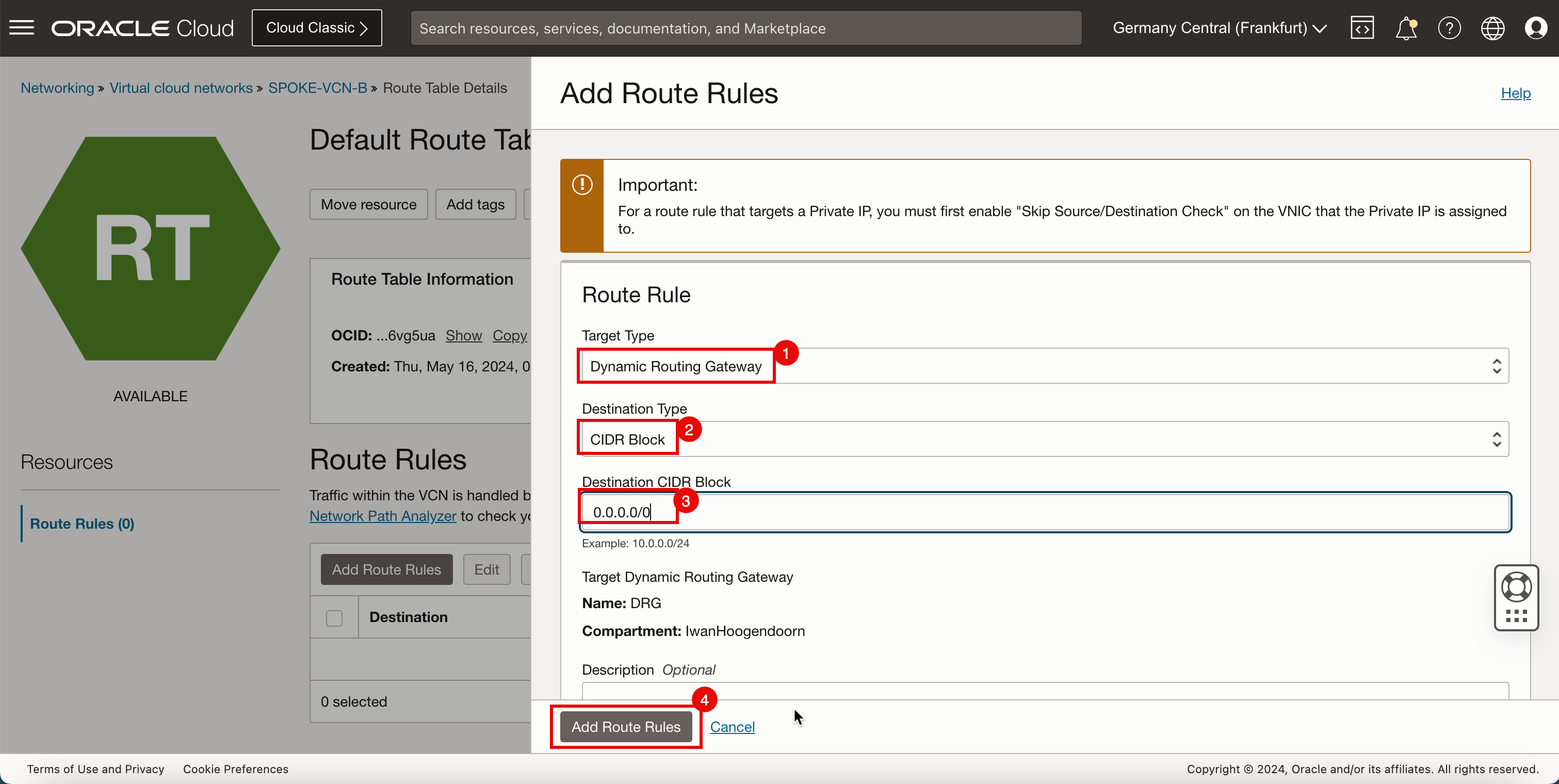

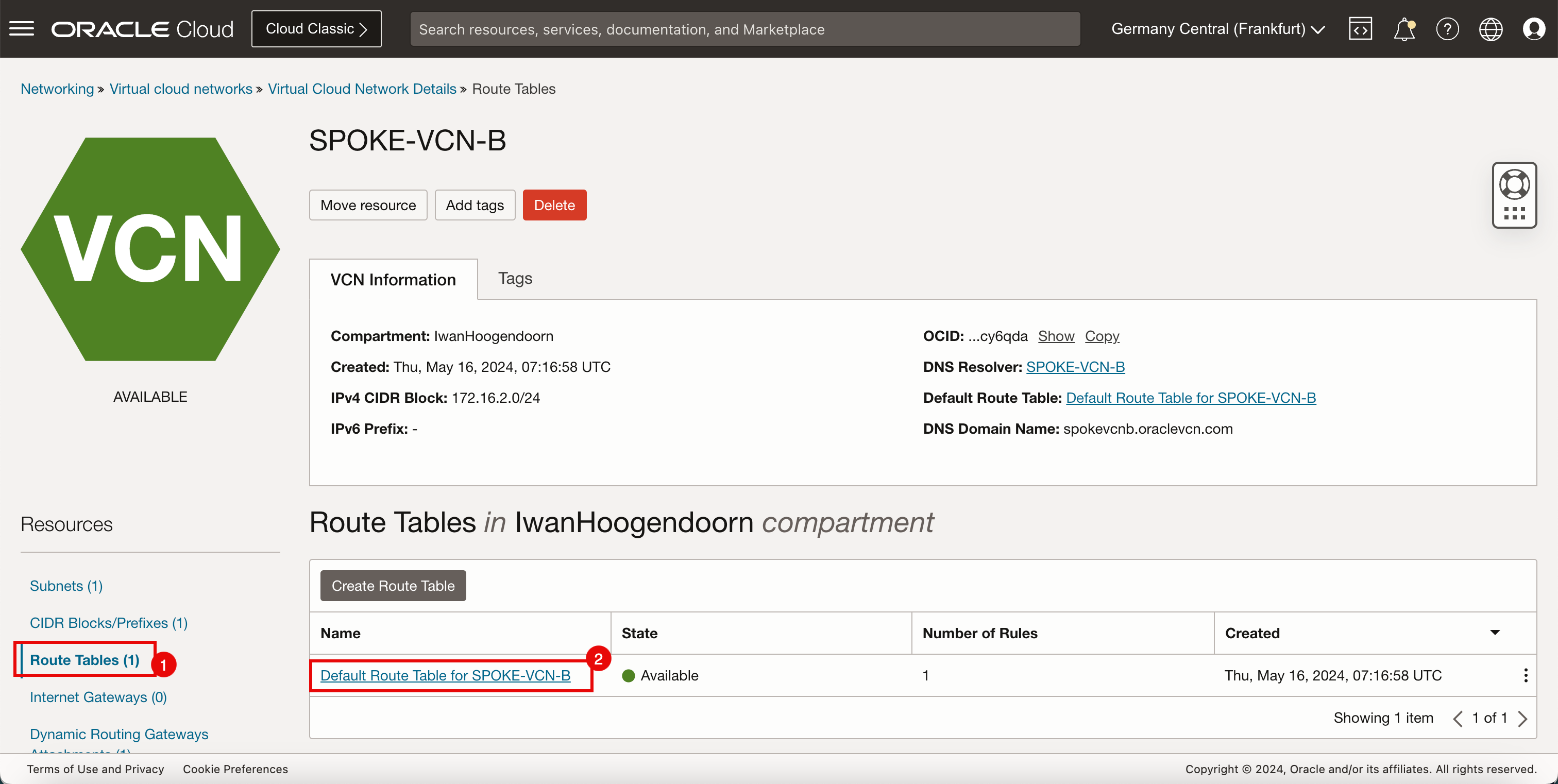

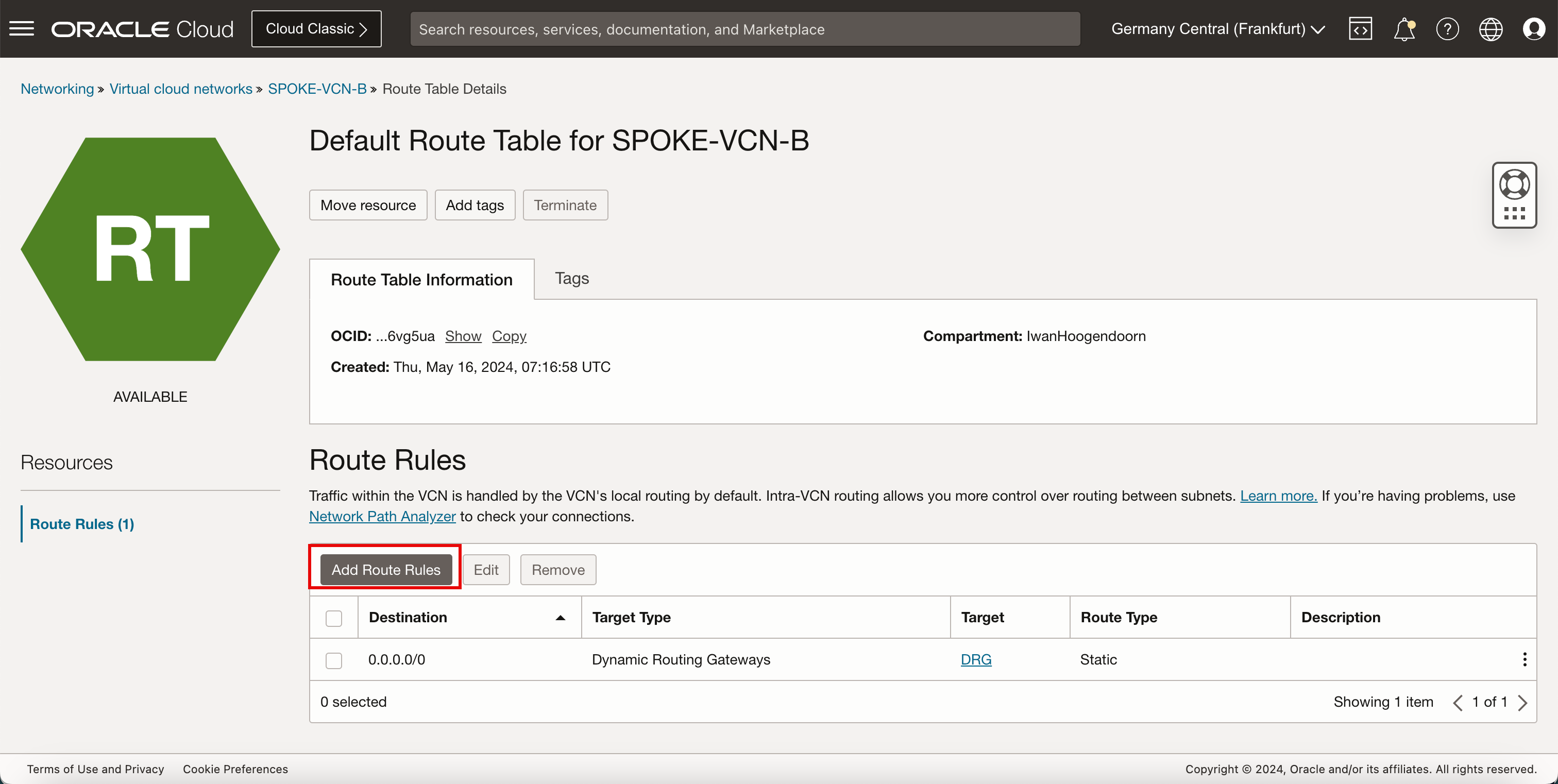

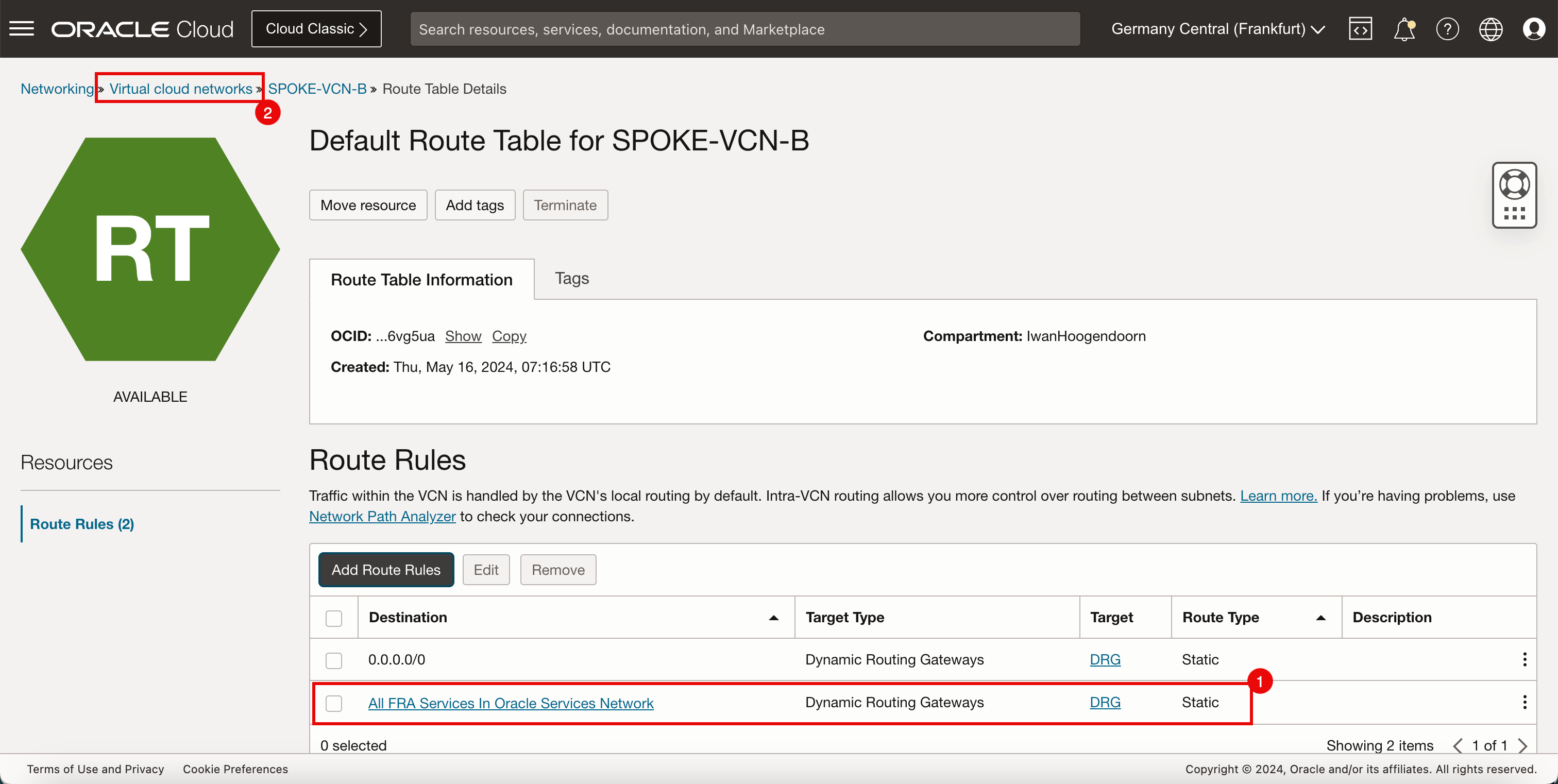

스포크 VCN B에는 기본 VCN 라우팅 테이블만 있습니다.

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 -

Spoke VCN B를 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-B의 기본 경로 테이블을 누릅니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - Add Route Rules를 누릅니다.

-

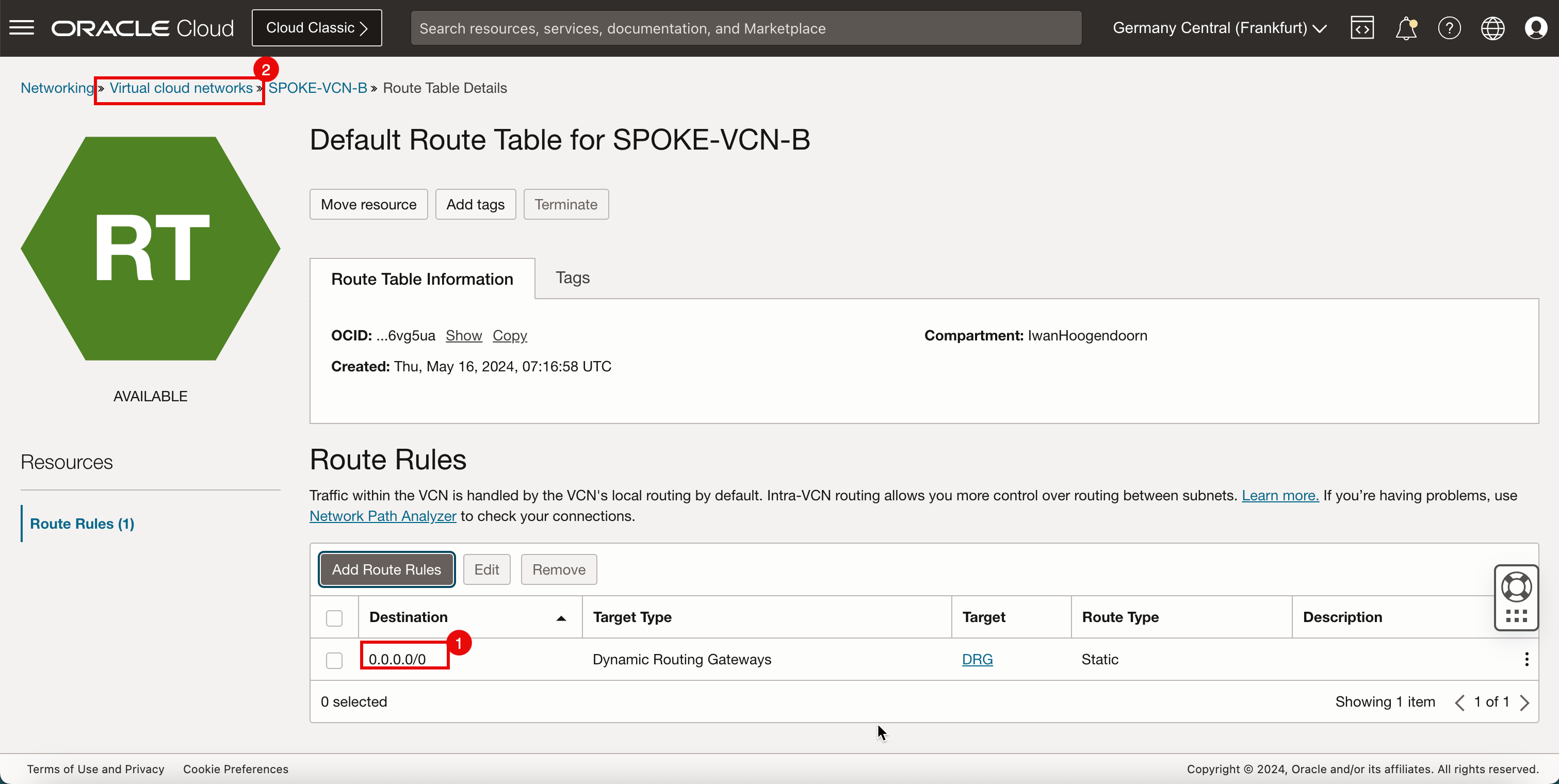

이 규칙은 스포크 VCN B에서 DRG로 들어오는 모든 트래픽을 라우팅합니다.

- 이제

0.0.0.0/0경로가 스포크 VCN B의 기본 경로 테이블에 추가됩니다. - 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

- 이제

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

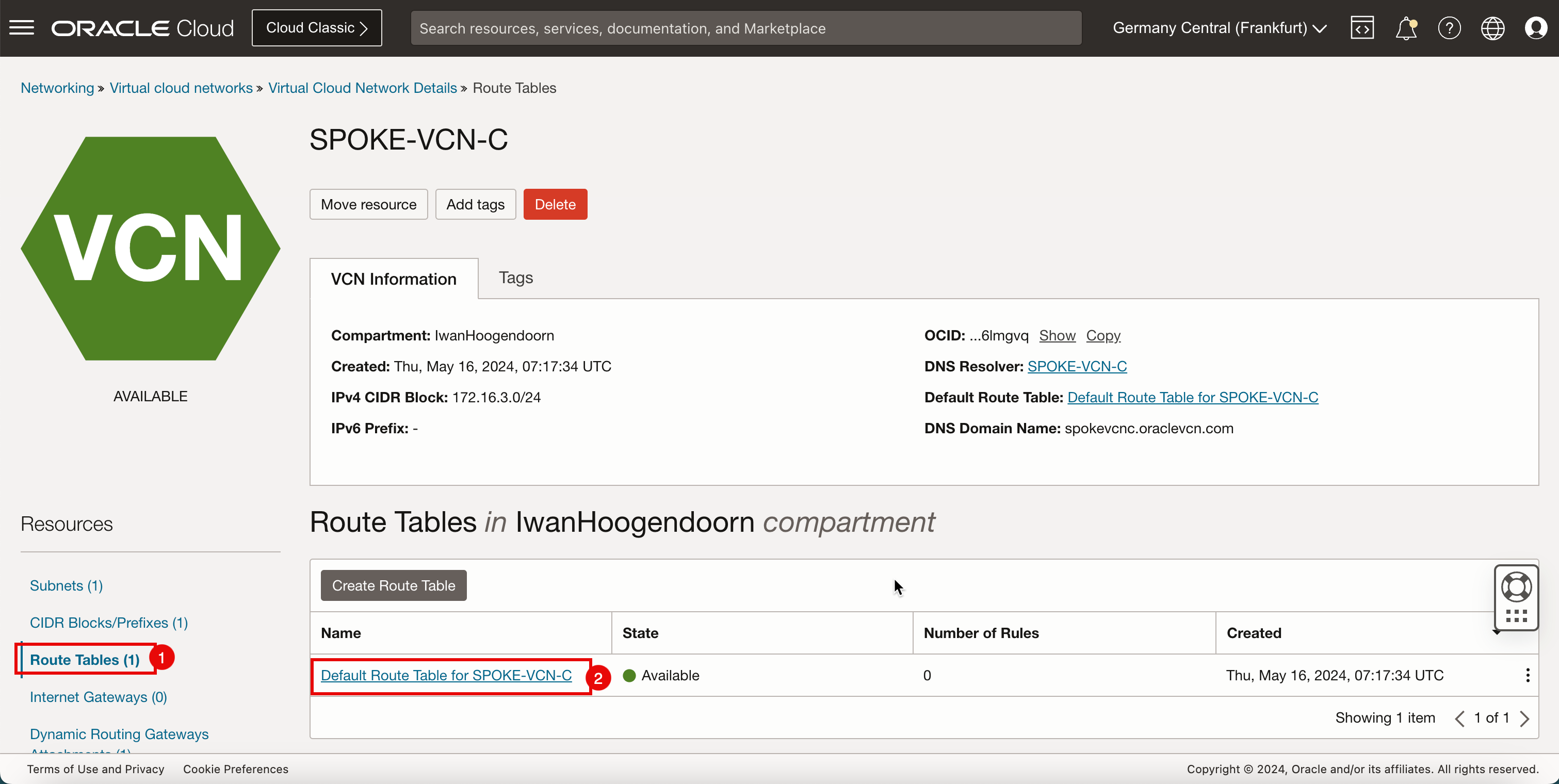

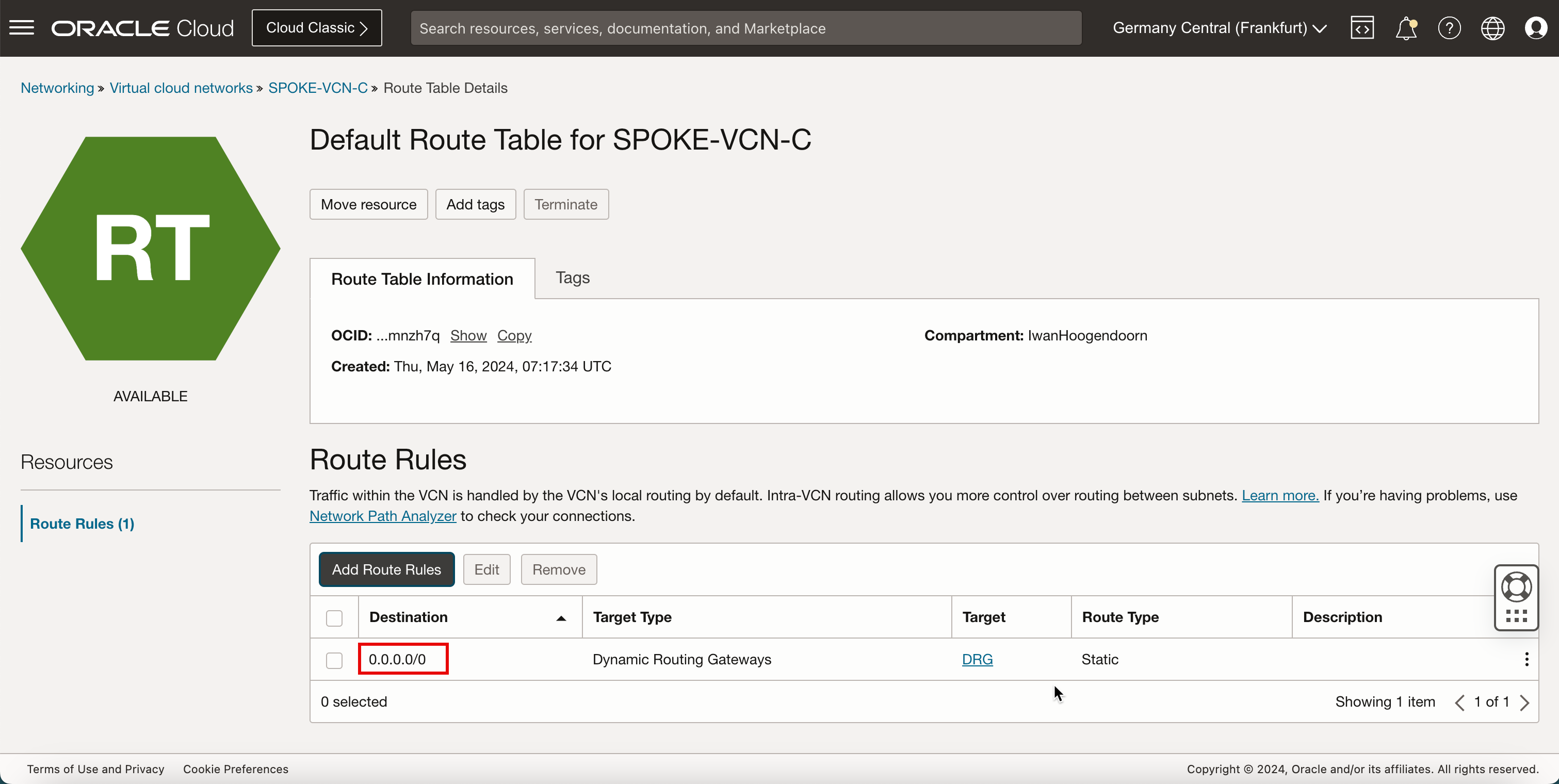

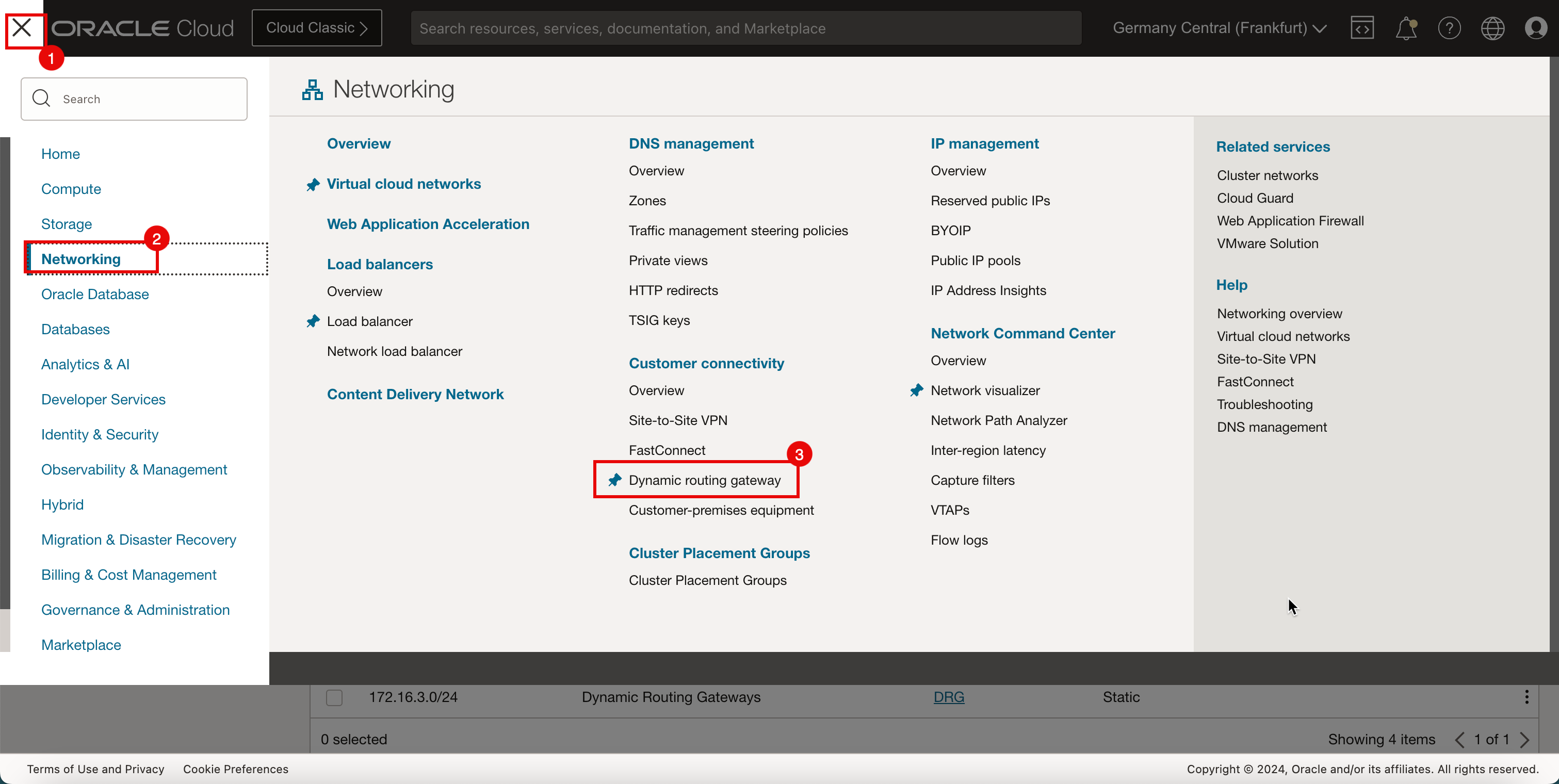

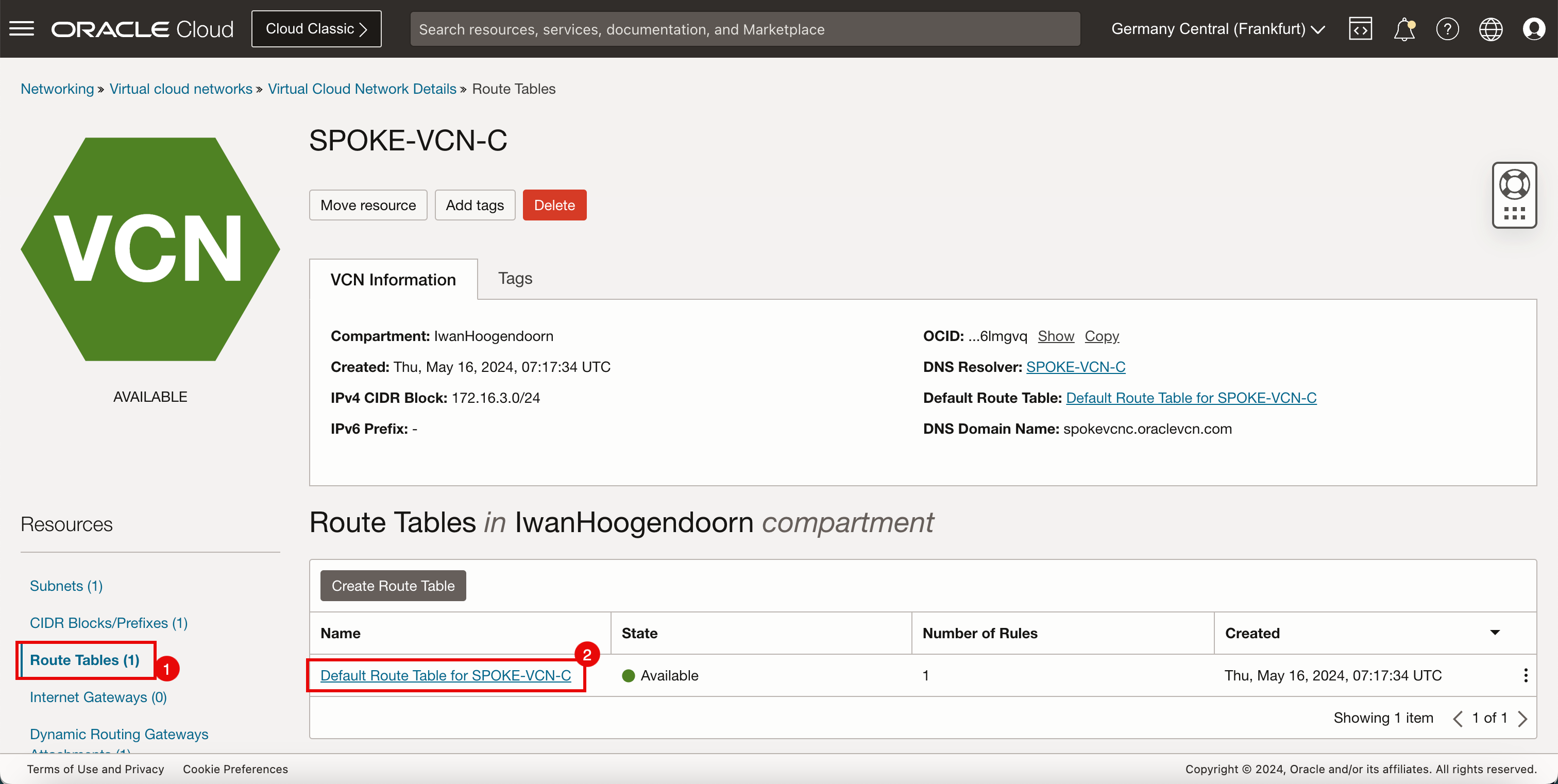

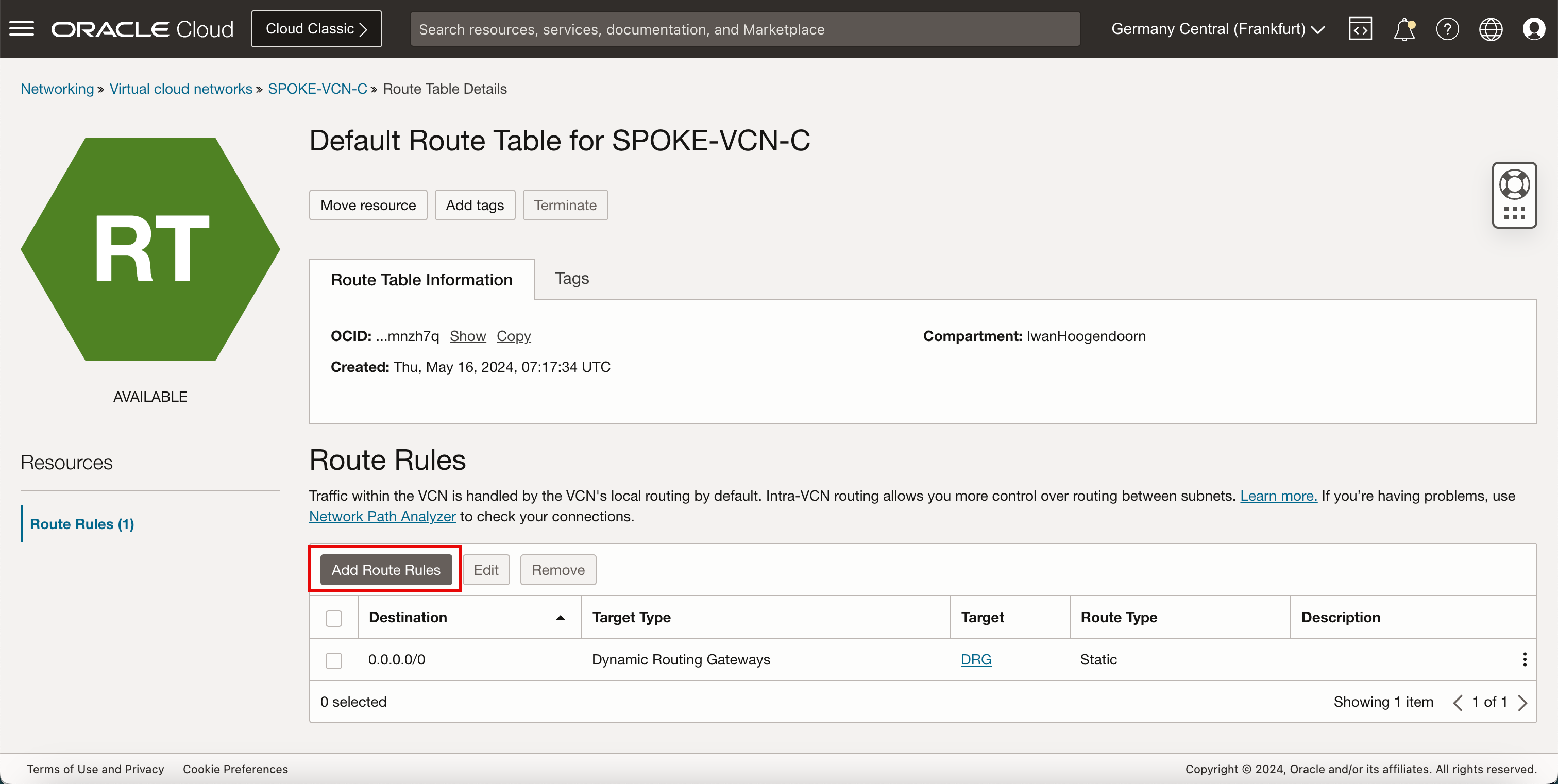

스포크 VCN C에는 기본 VCN 라우팅 테이블만 있습니다.

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 -

Spoke VCN C를 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-C의 기본 경로 테이블을 누릅니다.

-

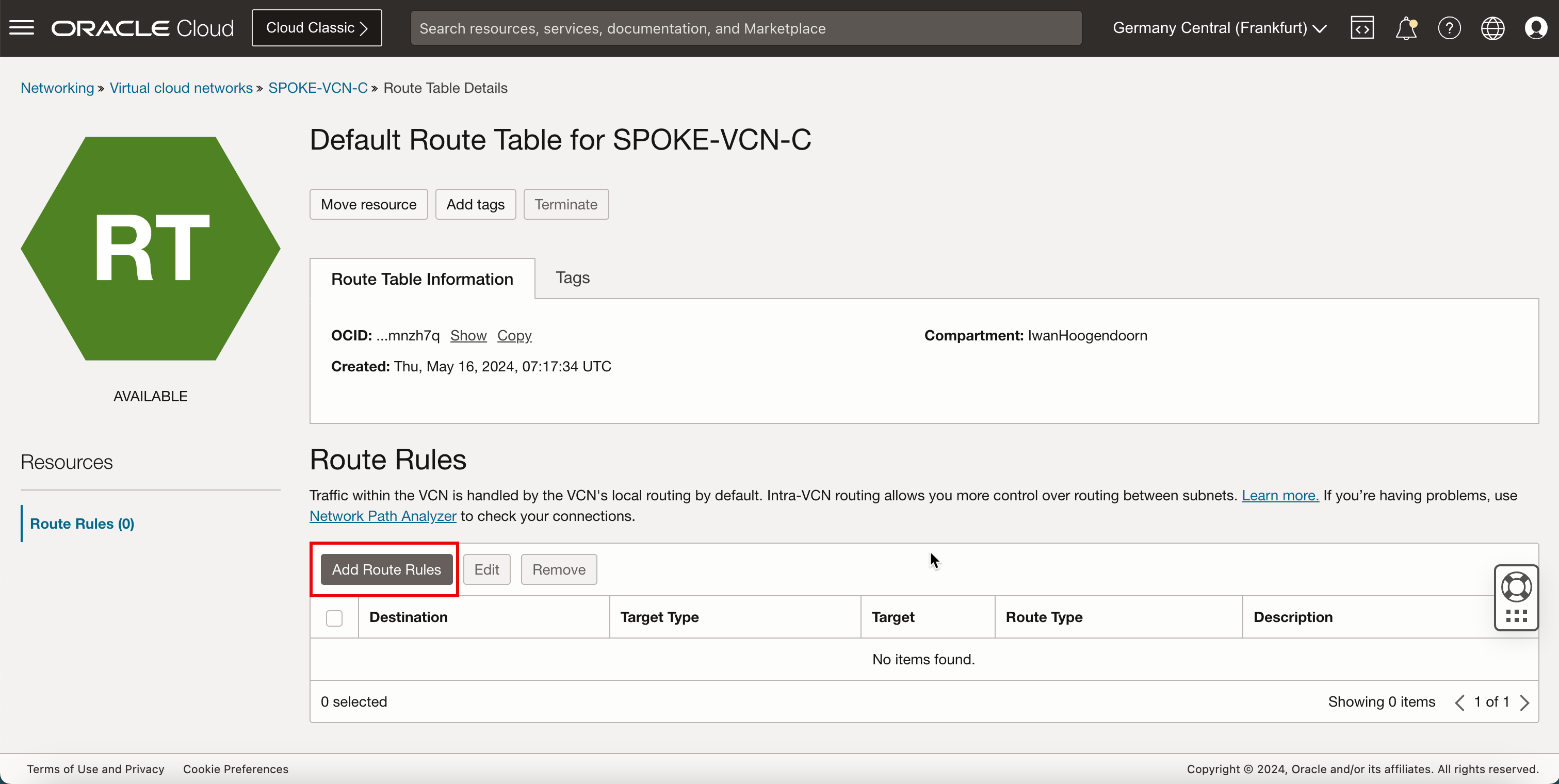

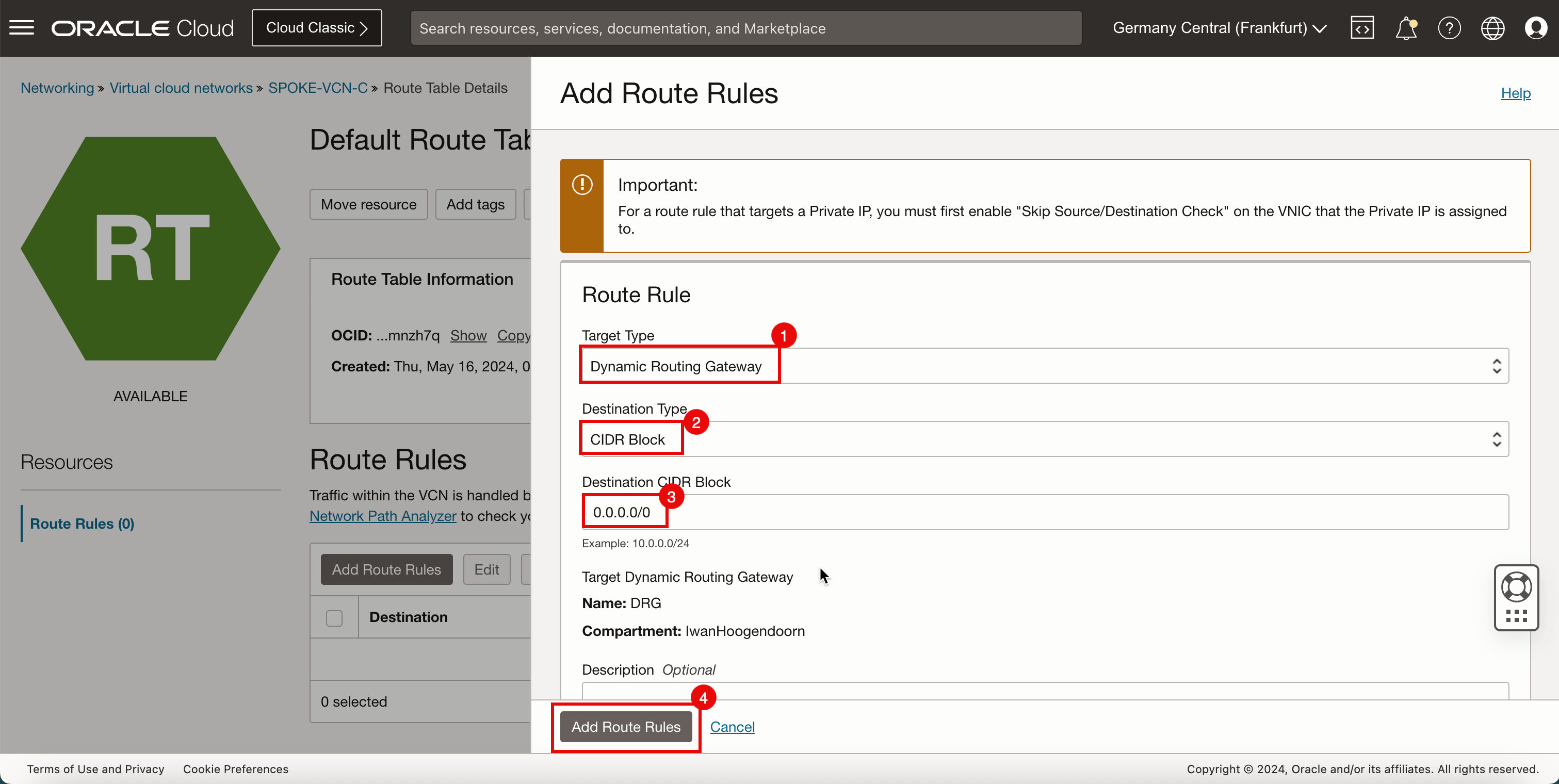

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - Add Route Rules를 누릅니다.

-

이 규칙은 스포크 VCN C에서 DRG로 들어오는 모든 트래픽을 라우팅합니다.

-

이제

0.0.0.0/0경로가 스포크 VCN C의 기본 경로 테이블에 추가됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

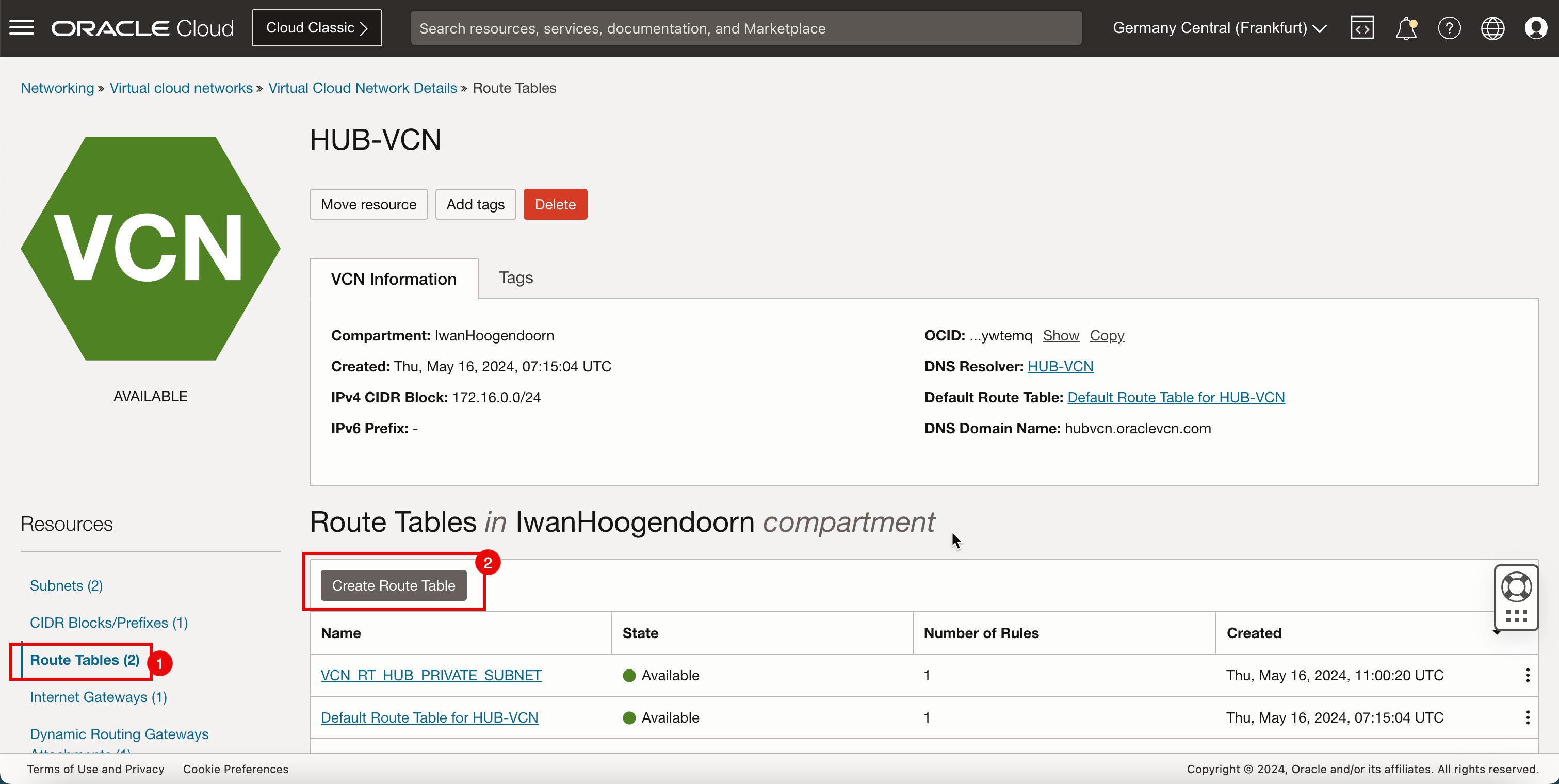

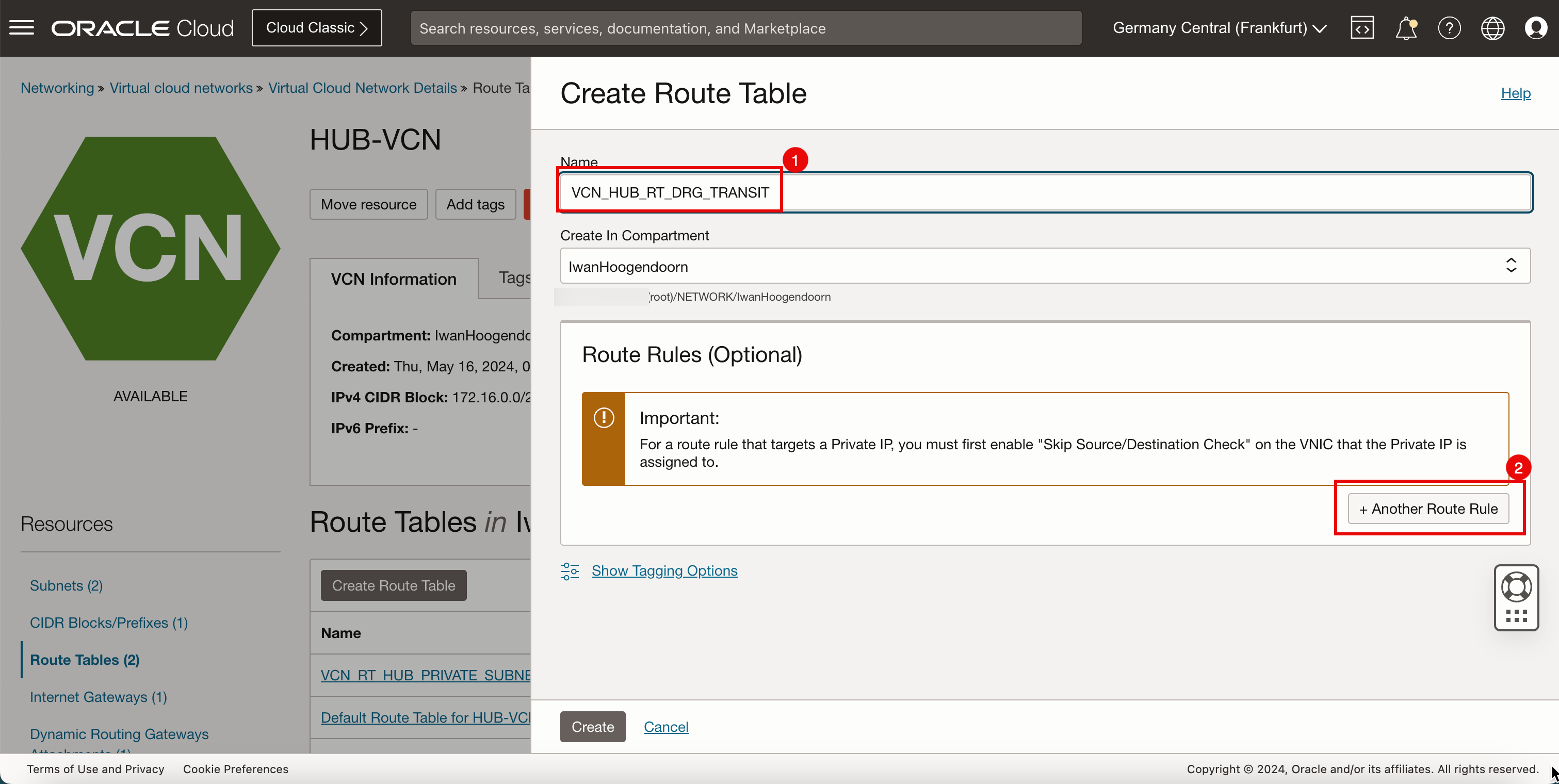

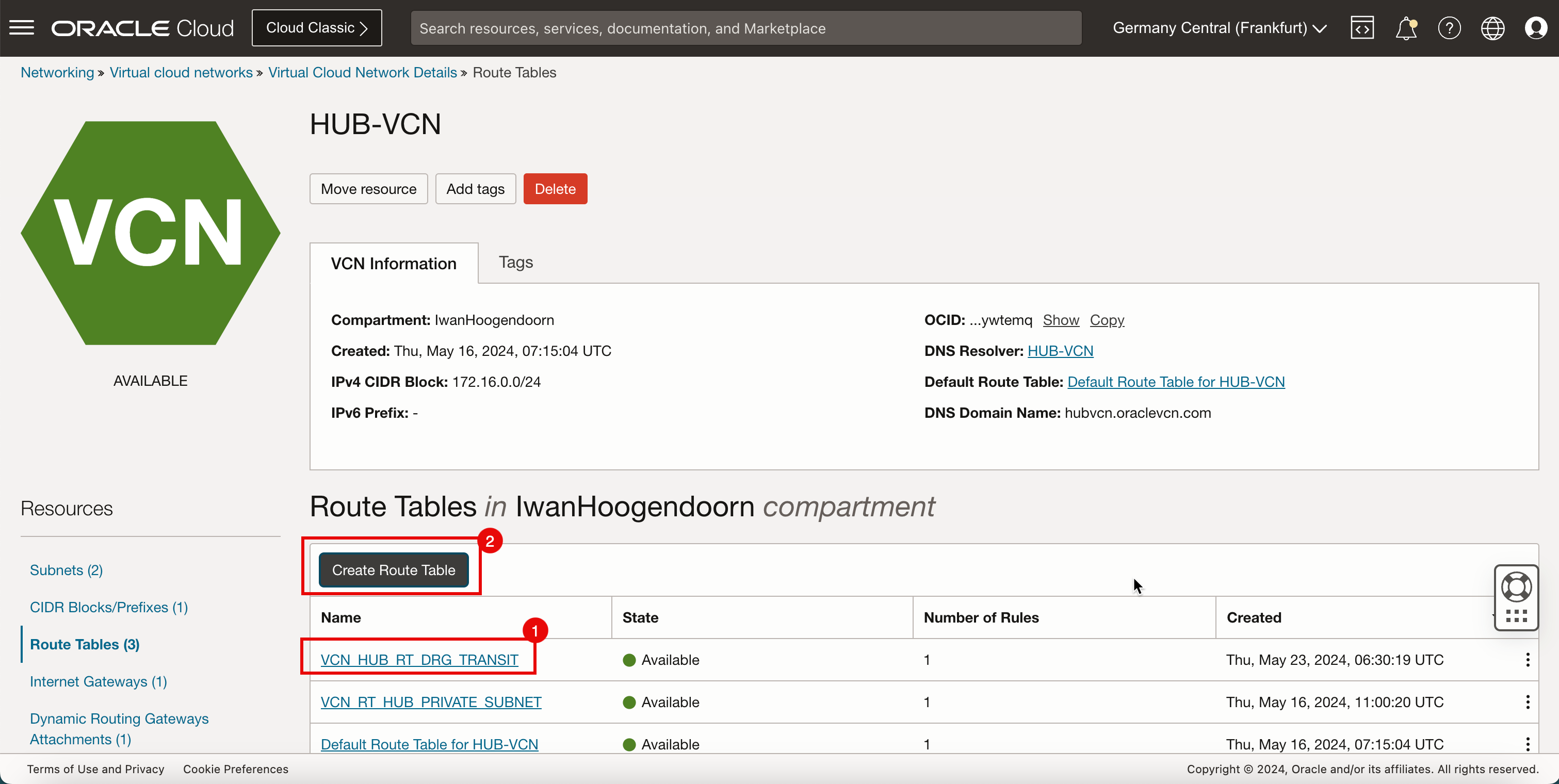

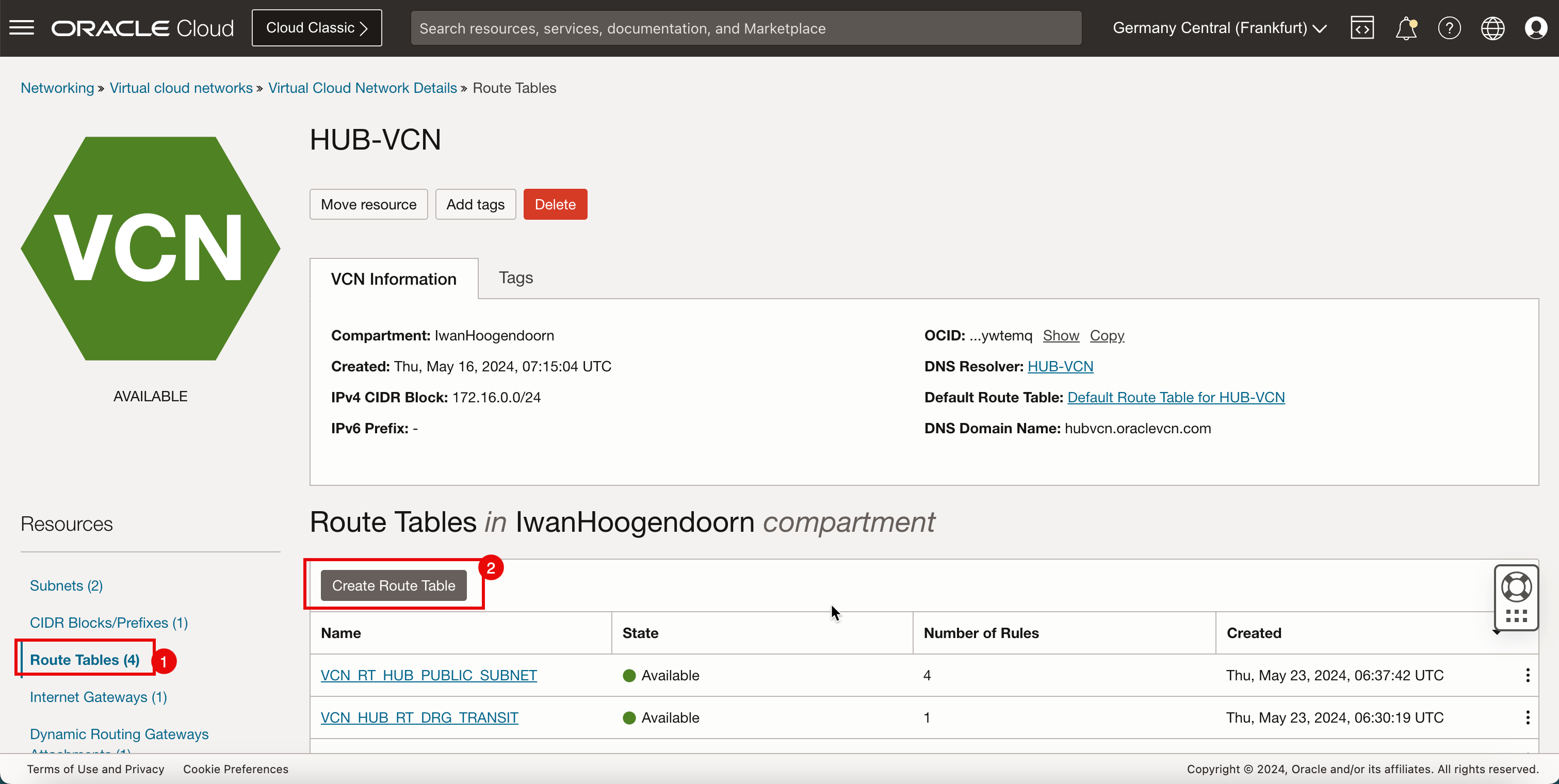

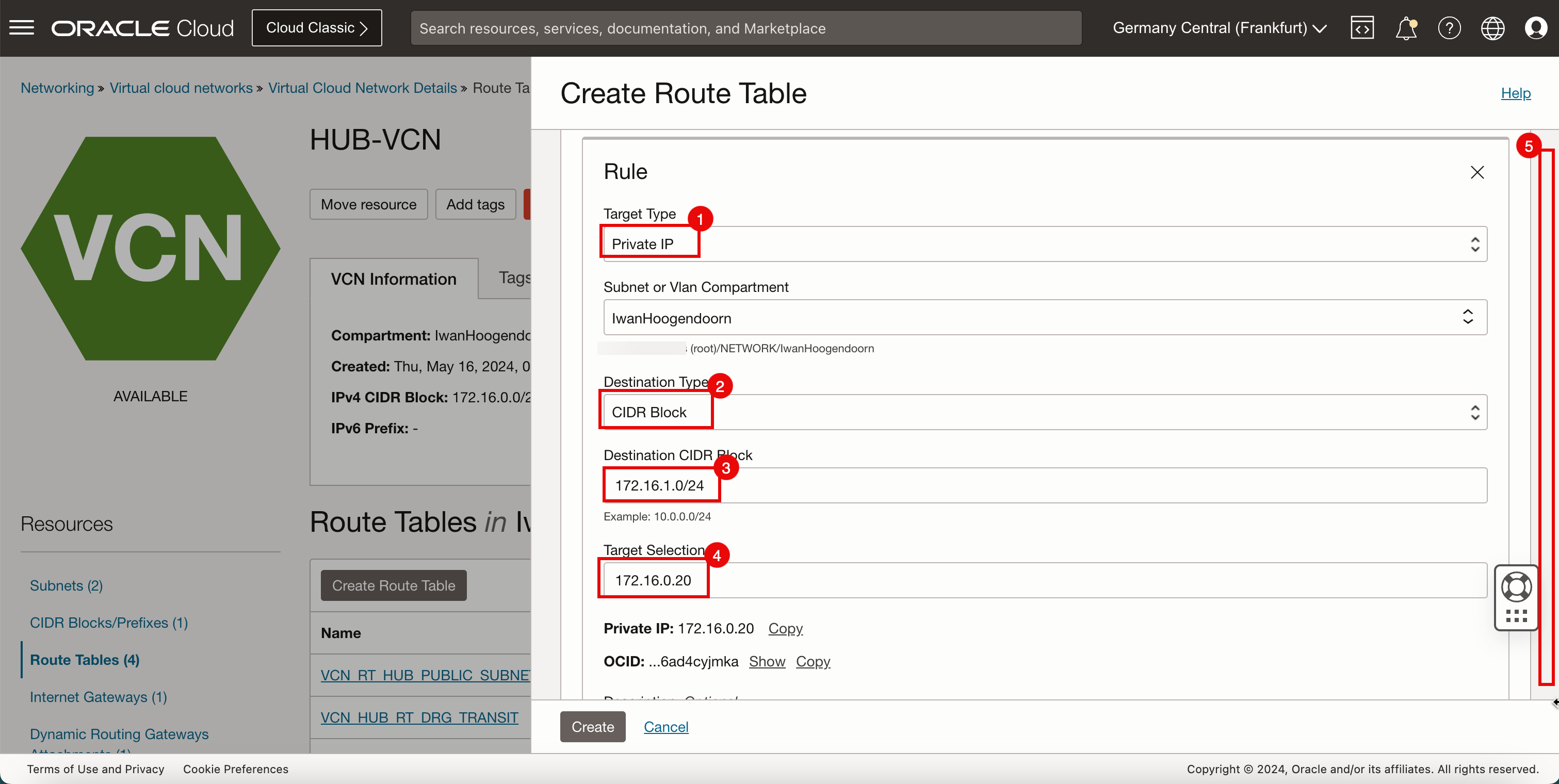

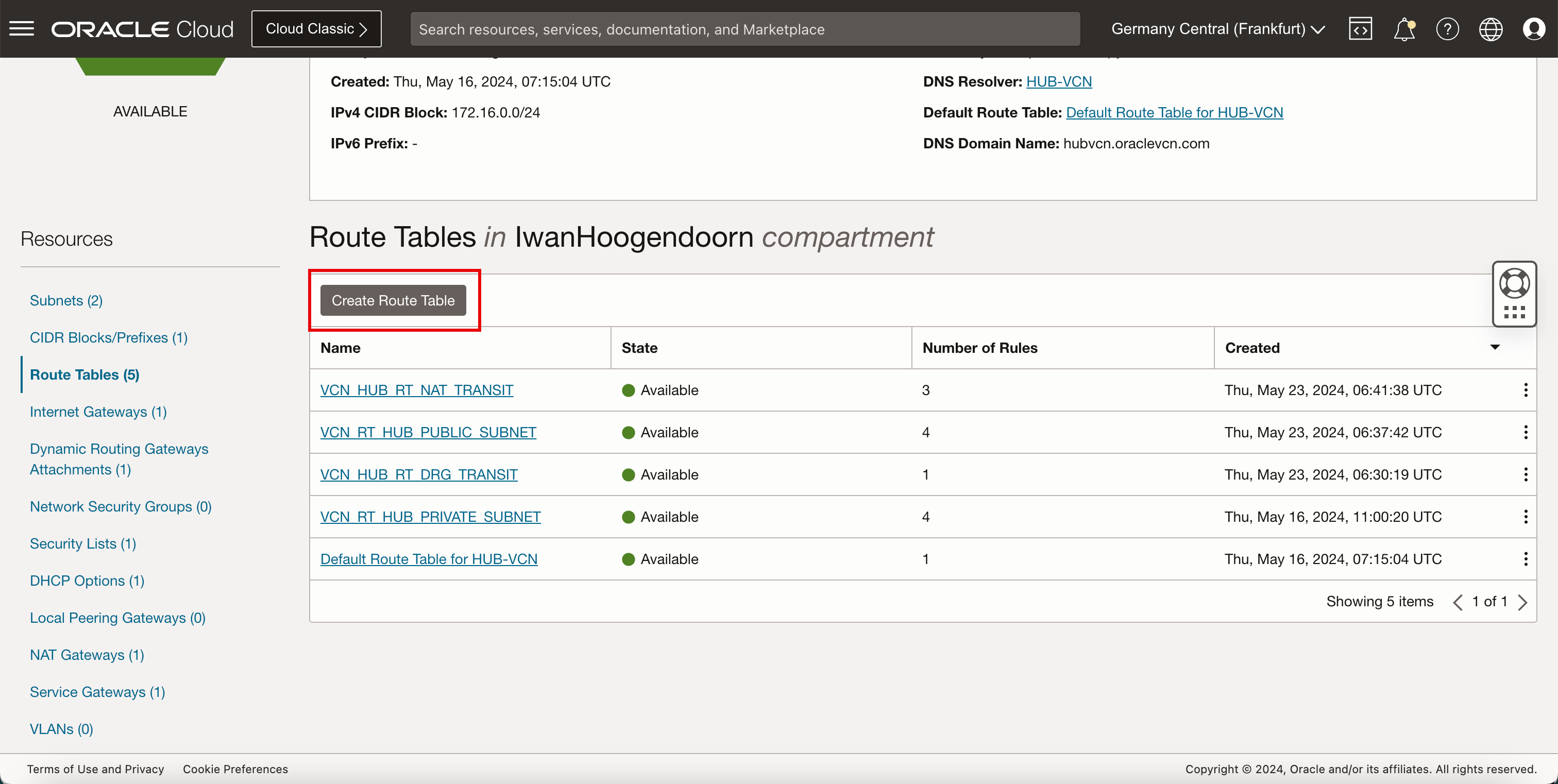

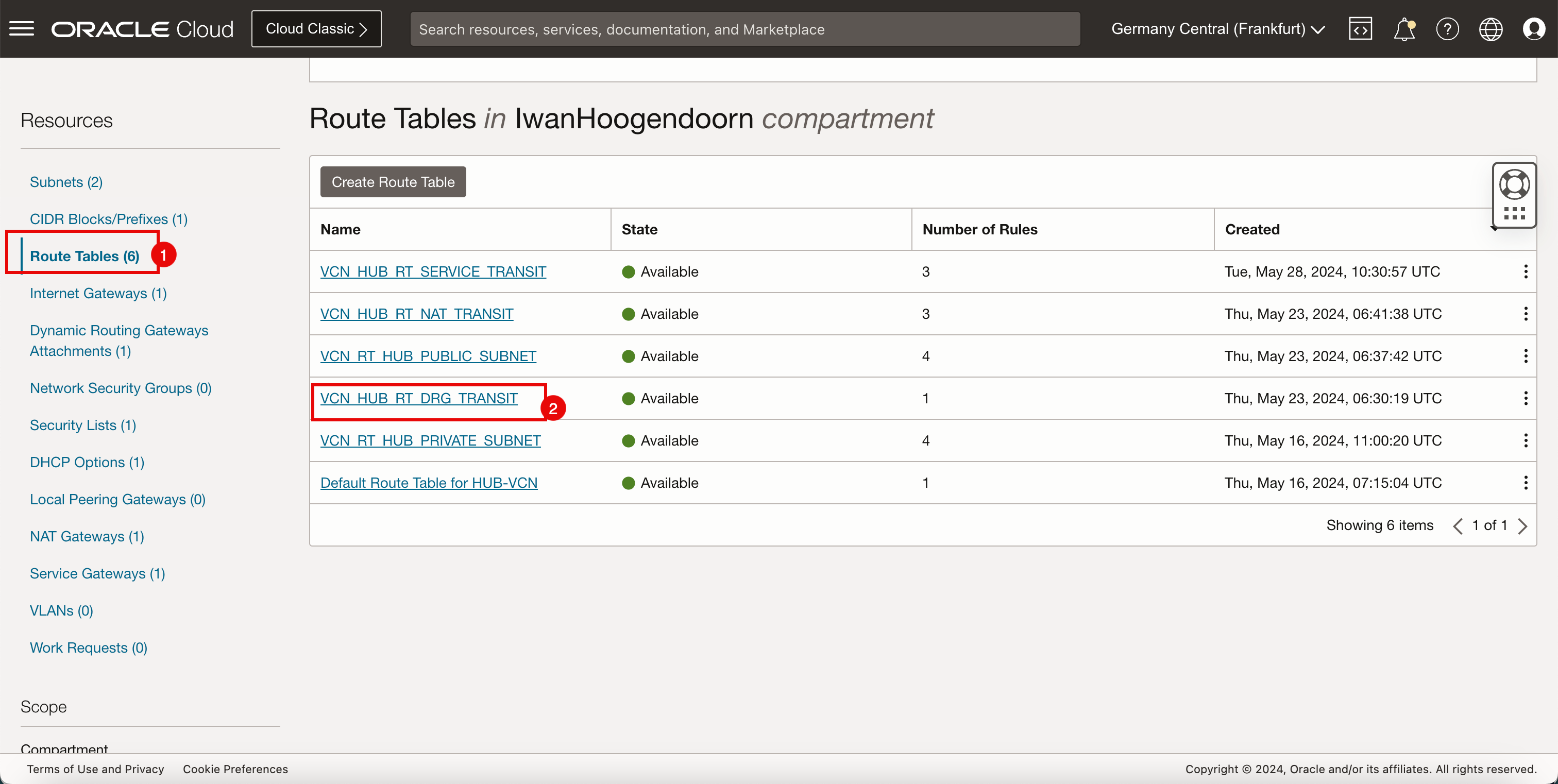

작업 7.3: 허브 VCN 경로 지정 테이블 생성 및 구성

-

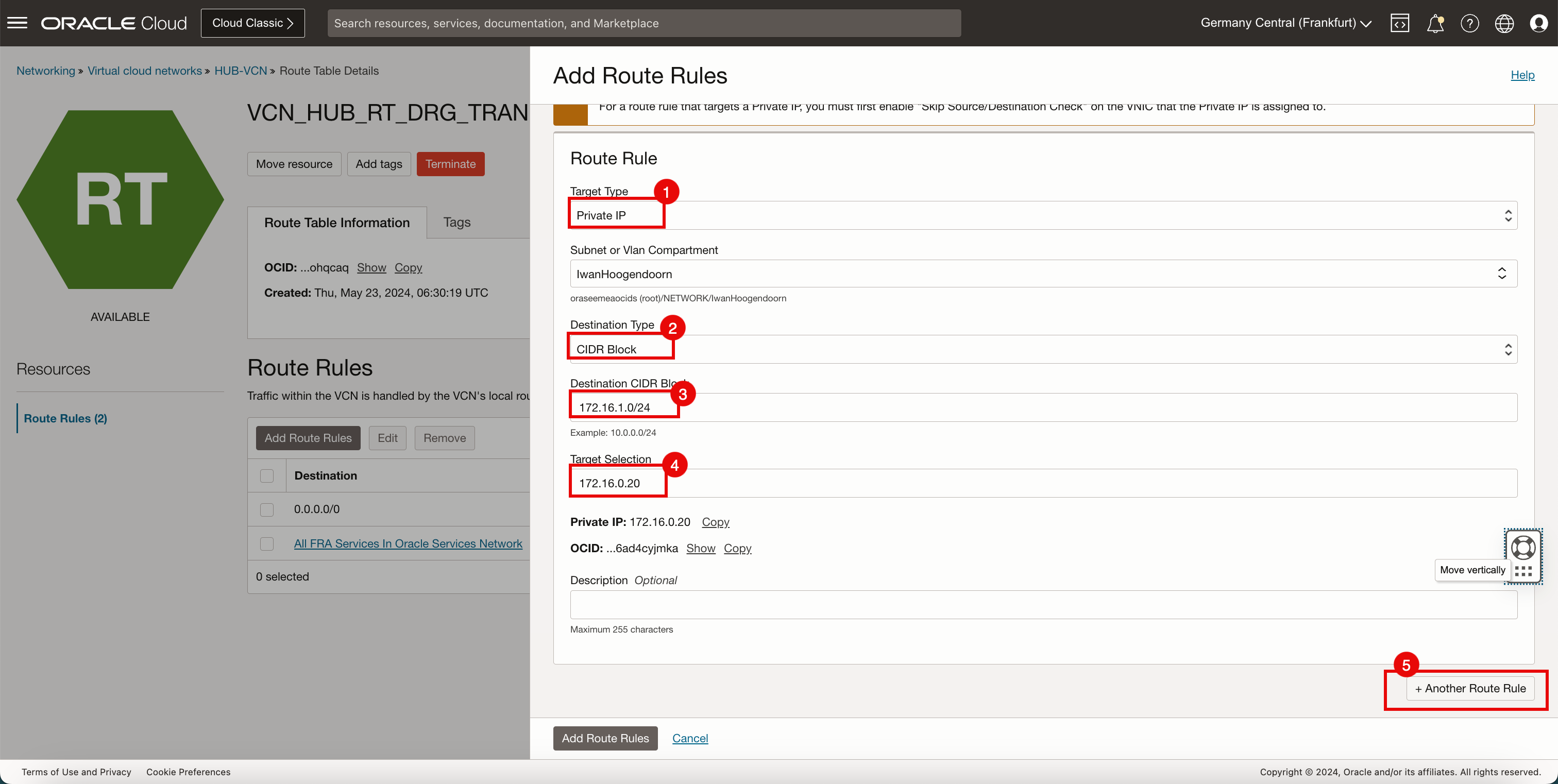

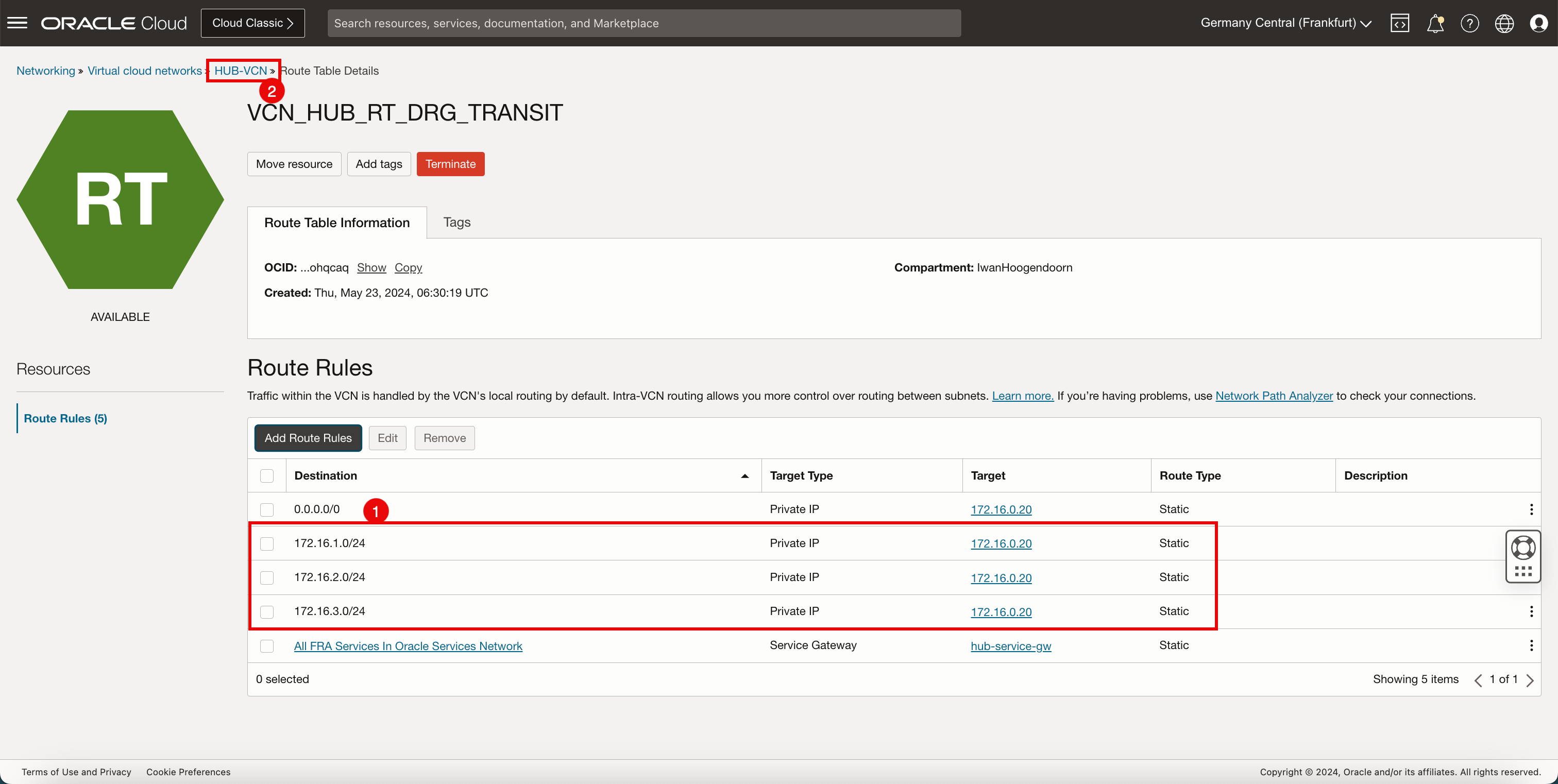

허브 VCN에서 경로 테이블(

VCN_HUB_RT_DRG_TRANSIT)을 생성합니다.대상 대상 유형 Target 경로 유형 0.0.0.0/0 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.1.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.2.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.3.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 참고: 스포크에서 스포크 VCN으로 이동하는 트래픽을 라우팅하려면 이 라우트 테이블의 특정 라우트에도 추가해야 합니다. 기본

0.0.0.0/0만으로는 이 작업을 수행할 수 없습니다. -

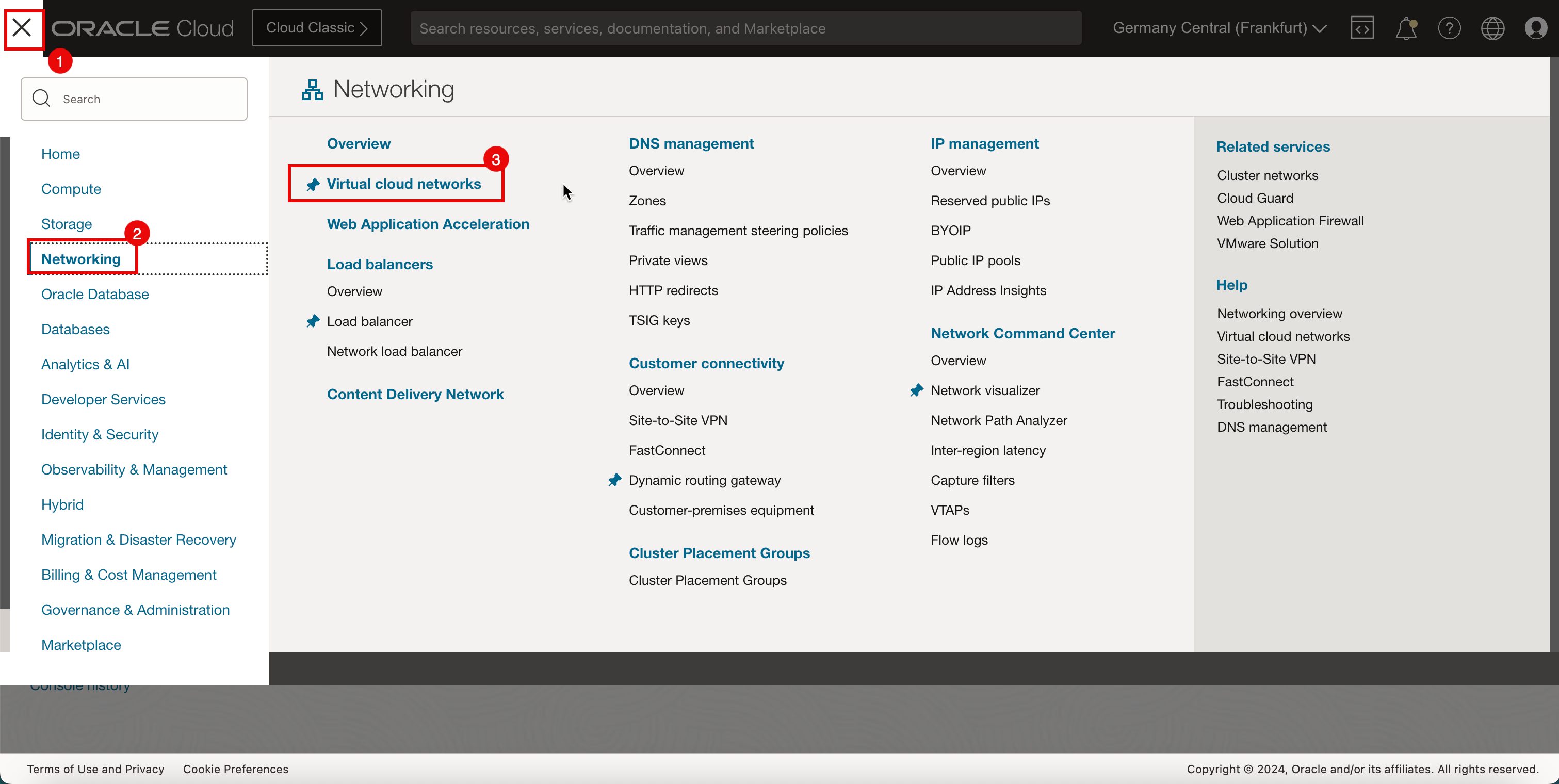

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 가상 클라우드 네트워크를 누릅니다.

-

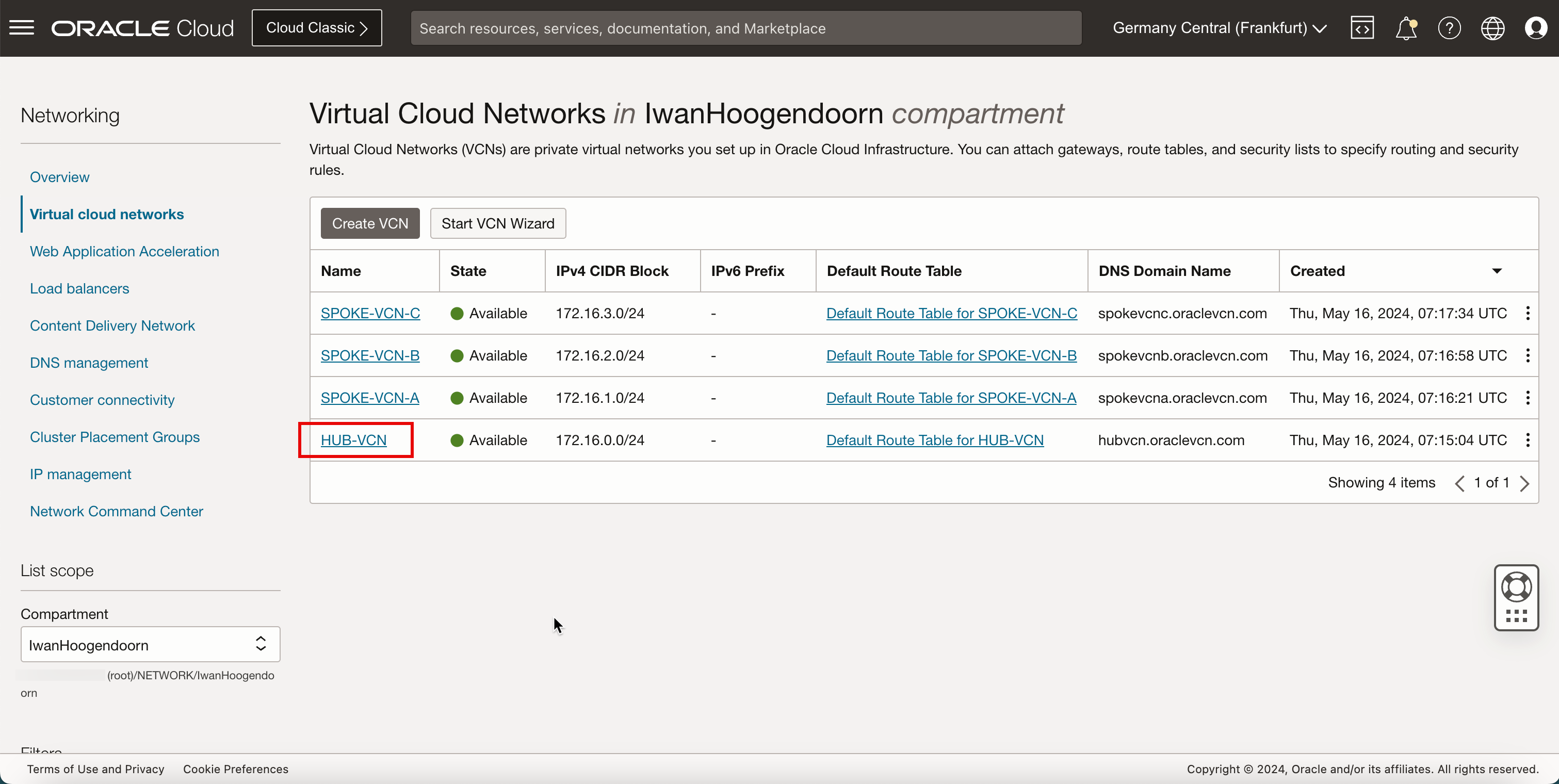

허브 VCN을 누릅니다.

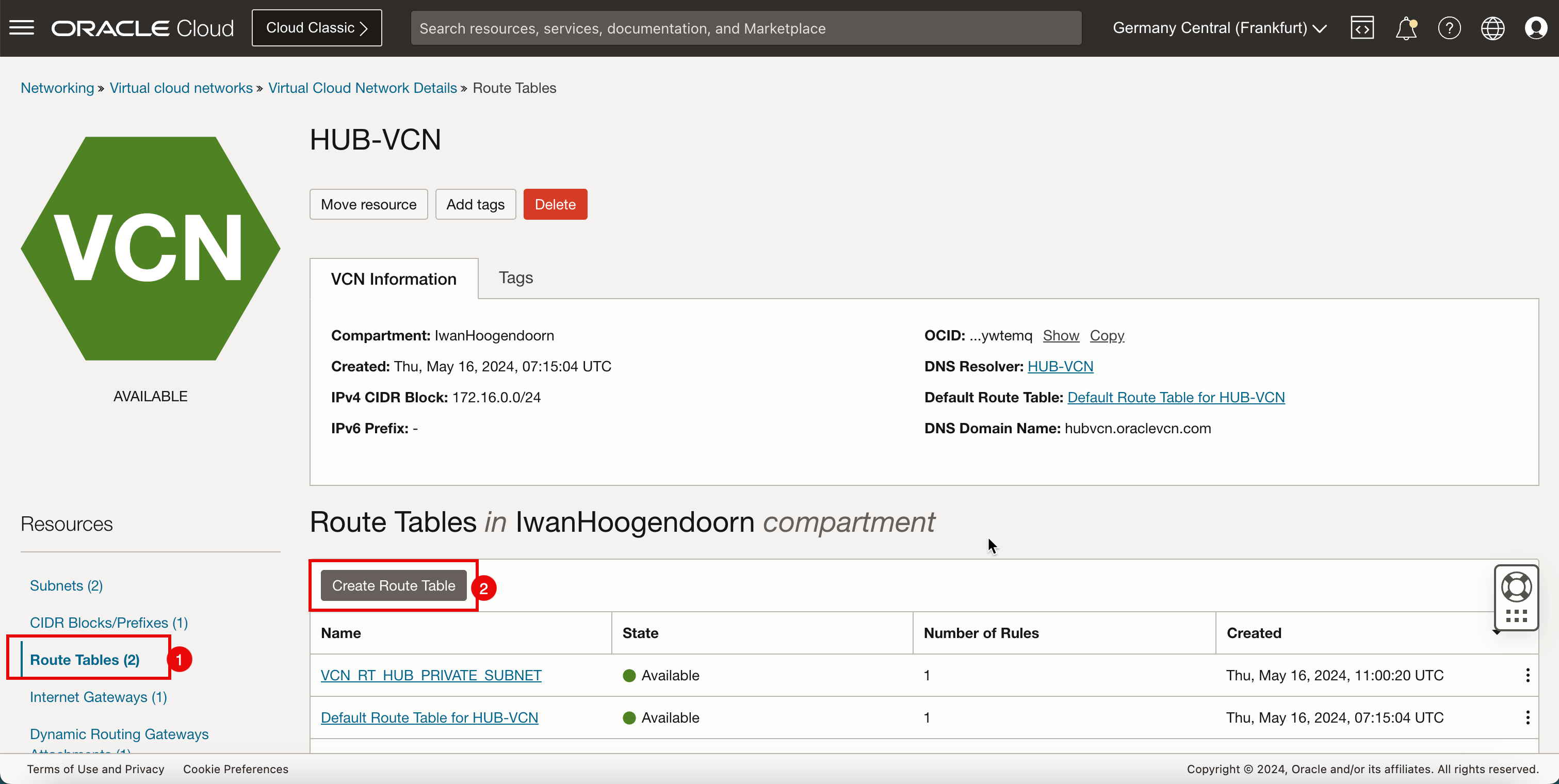

- 경로 테이블을 누릅니다.

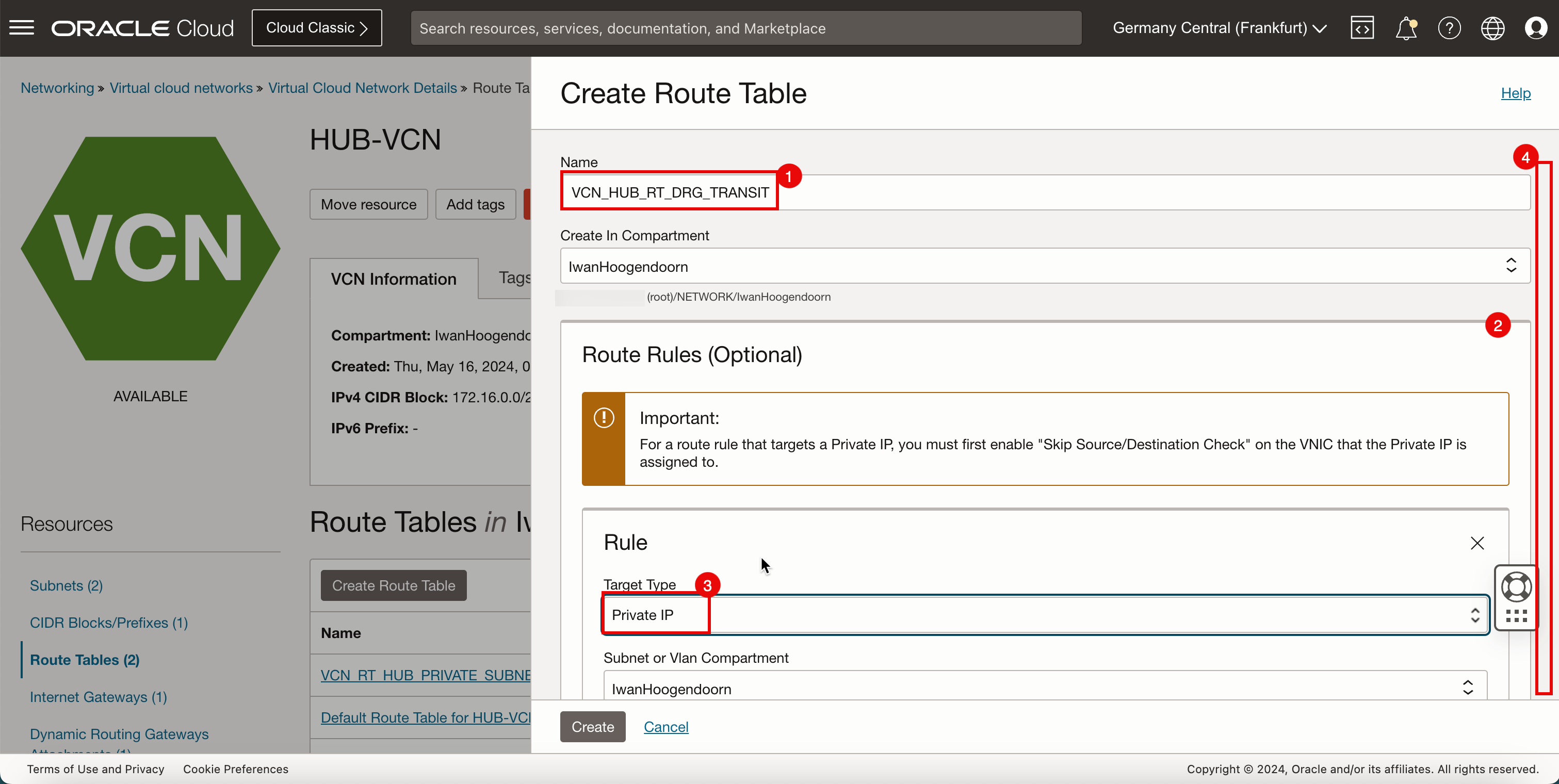

- 경로 테이블 생성을 누릅니다.

- 새 허브 VCN 경로 테이블의 이름을 입력합니다.

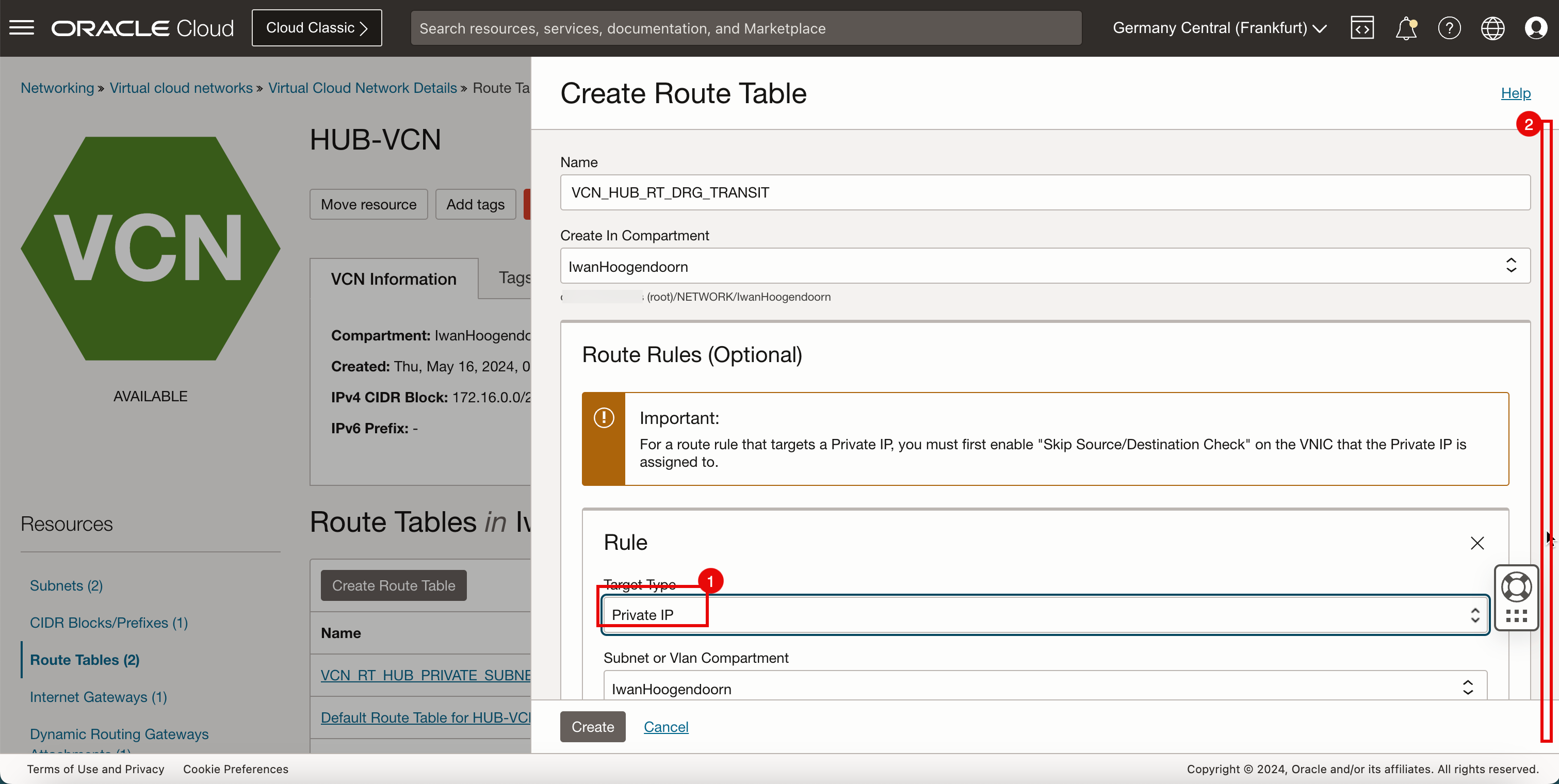

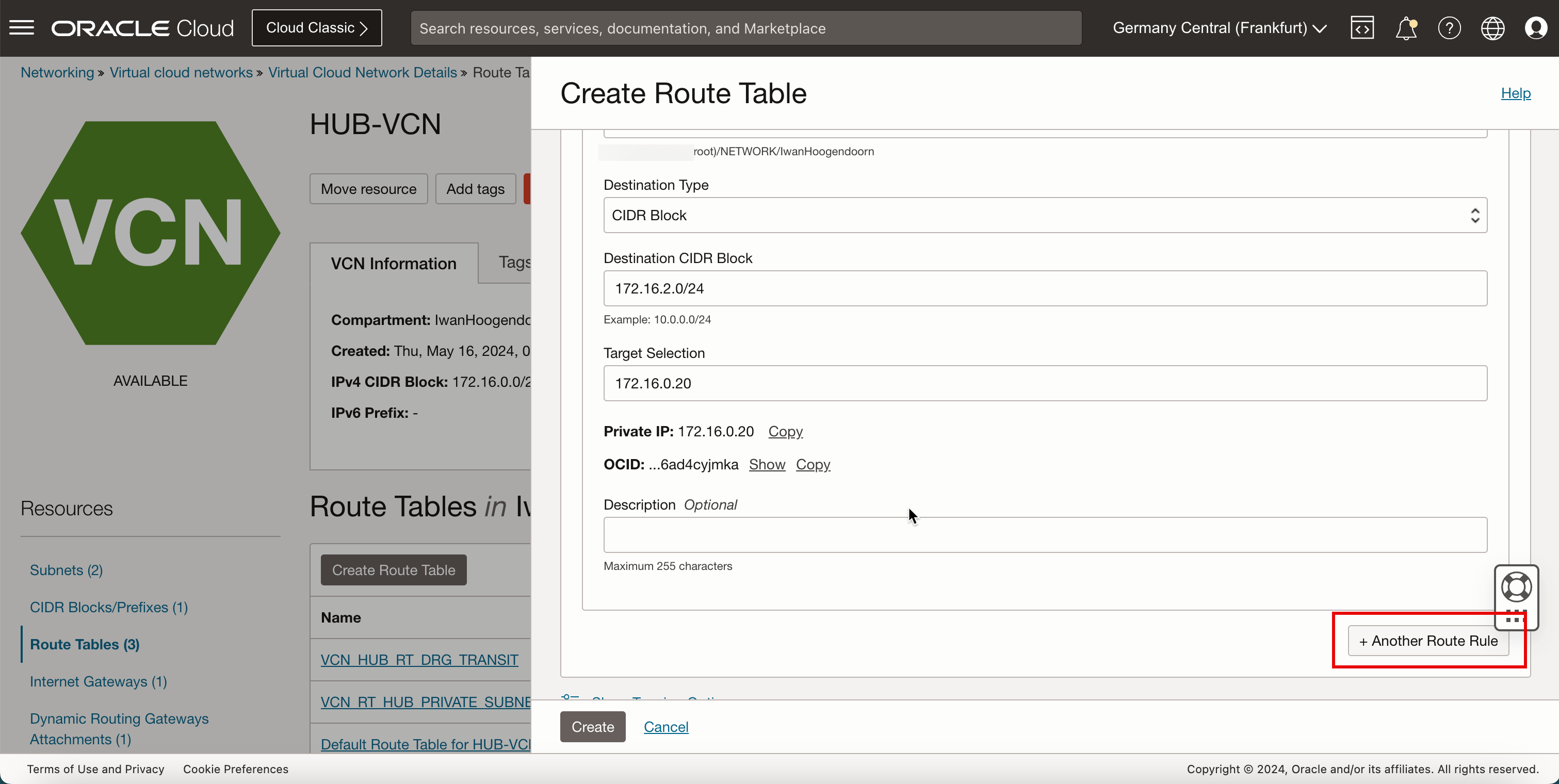

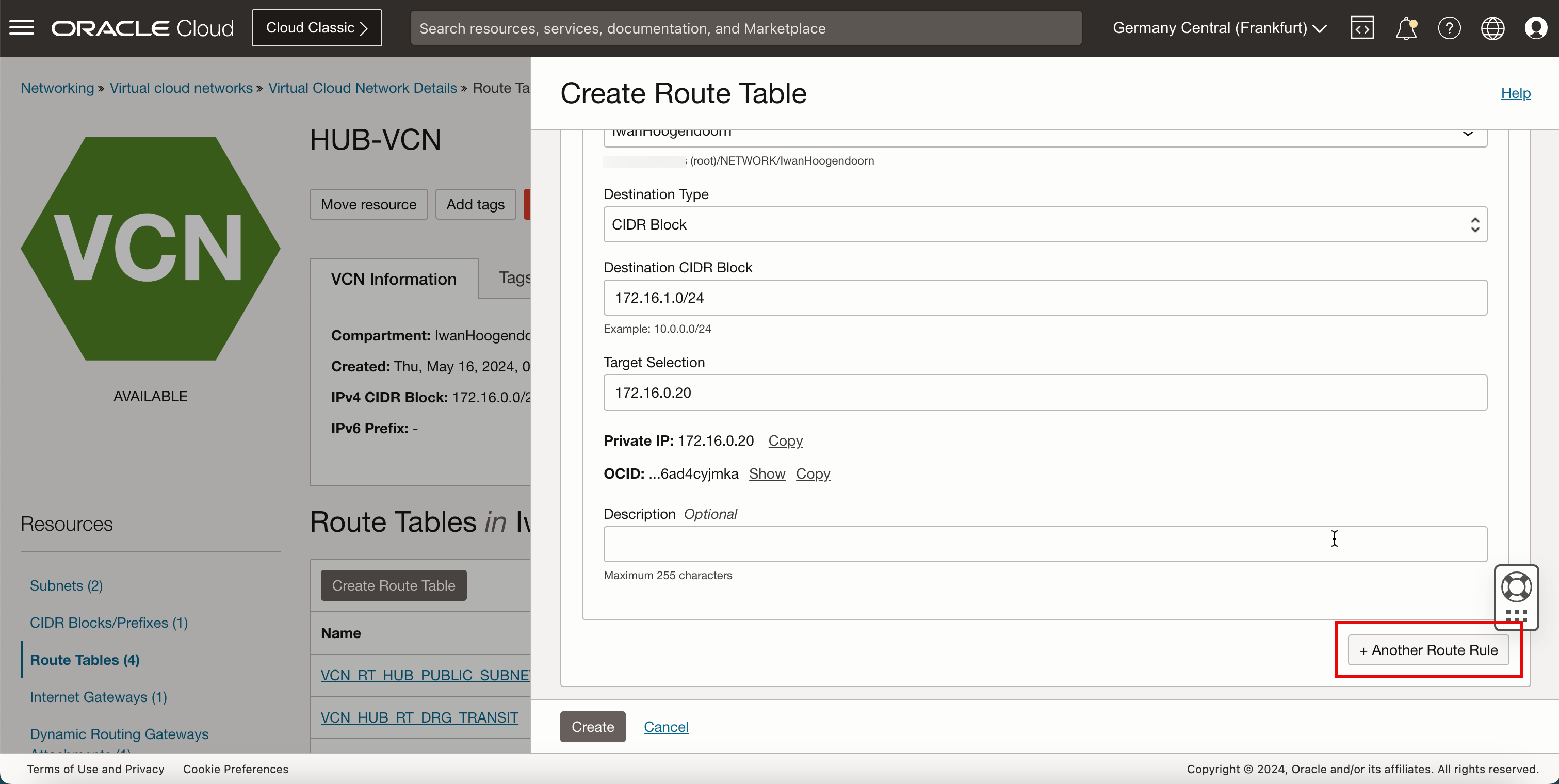

- + Another Route Rule(스크린샷 아님)을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 아래로.

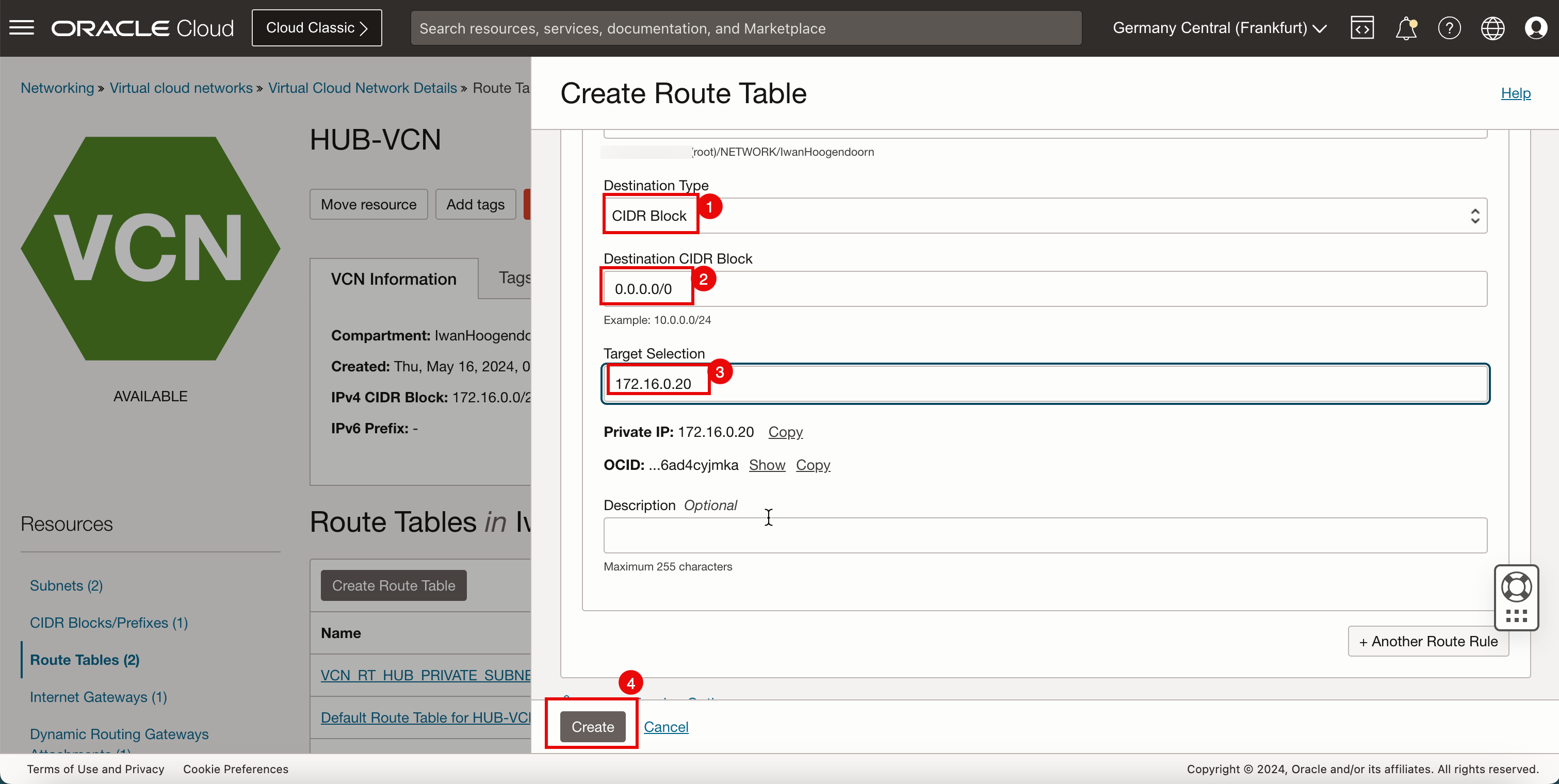

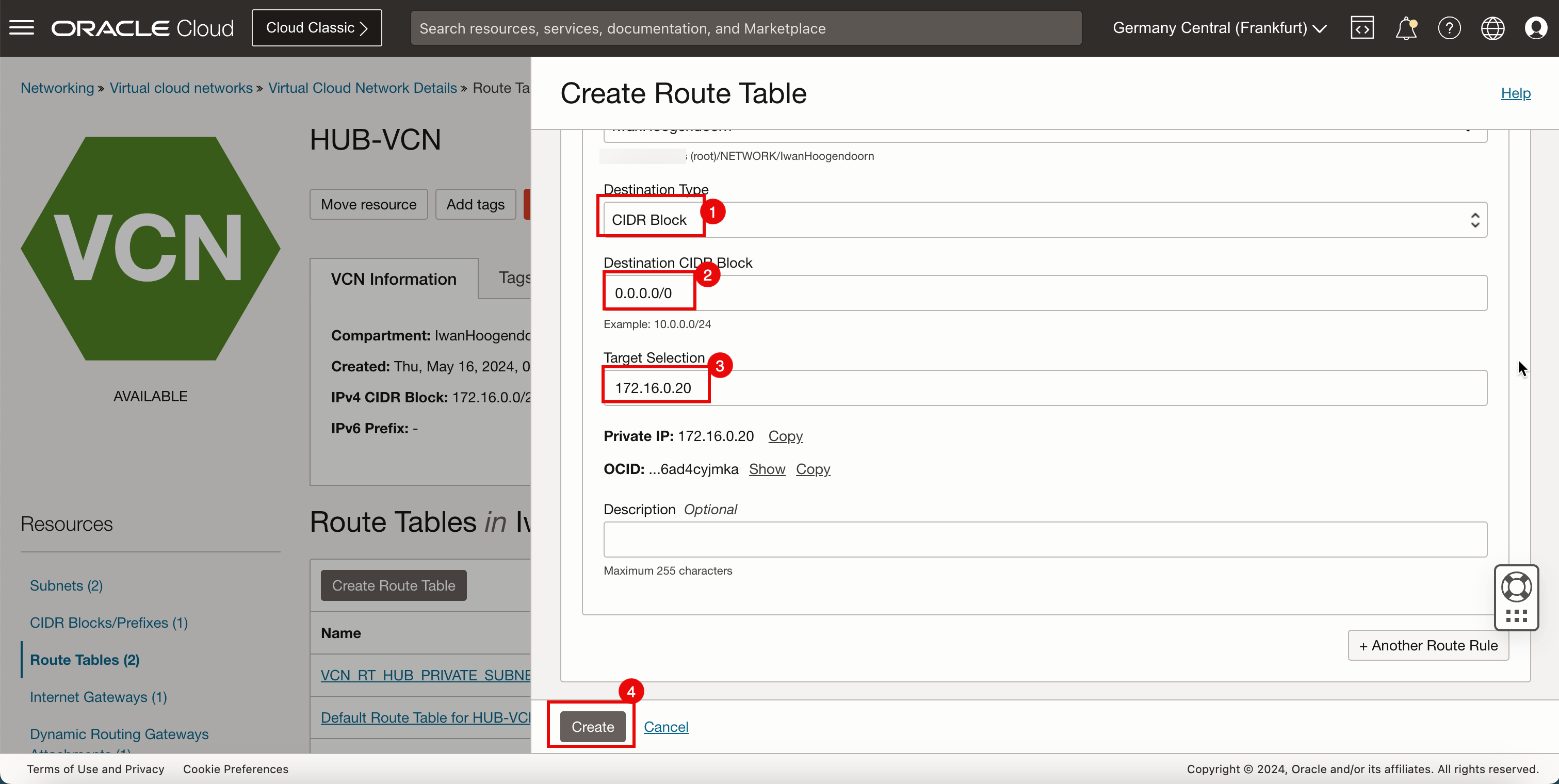

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - Create를 누릅니다.

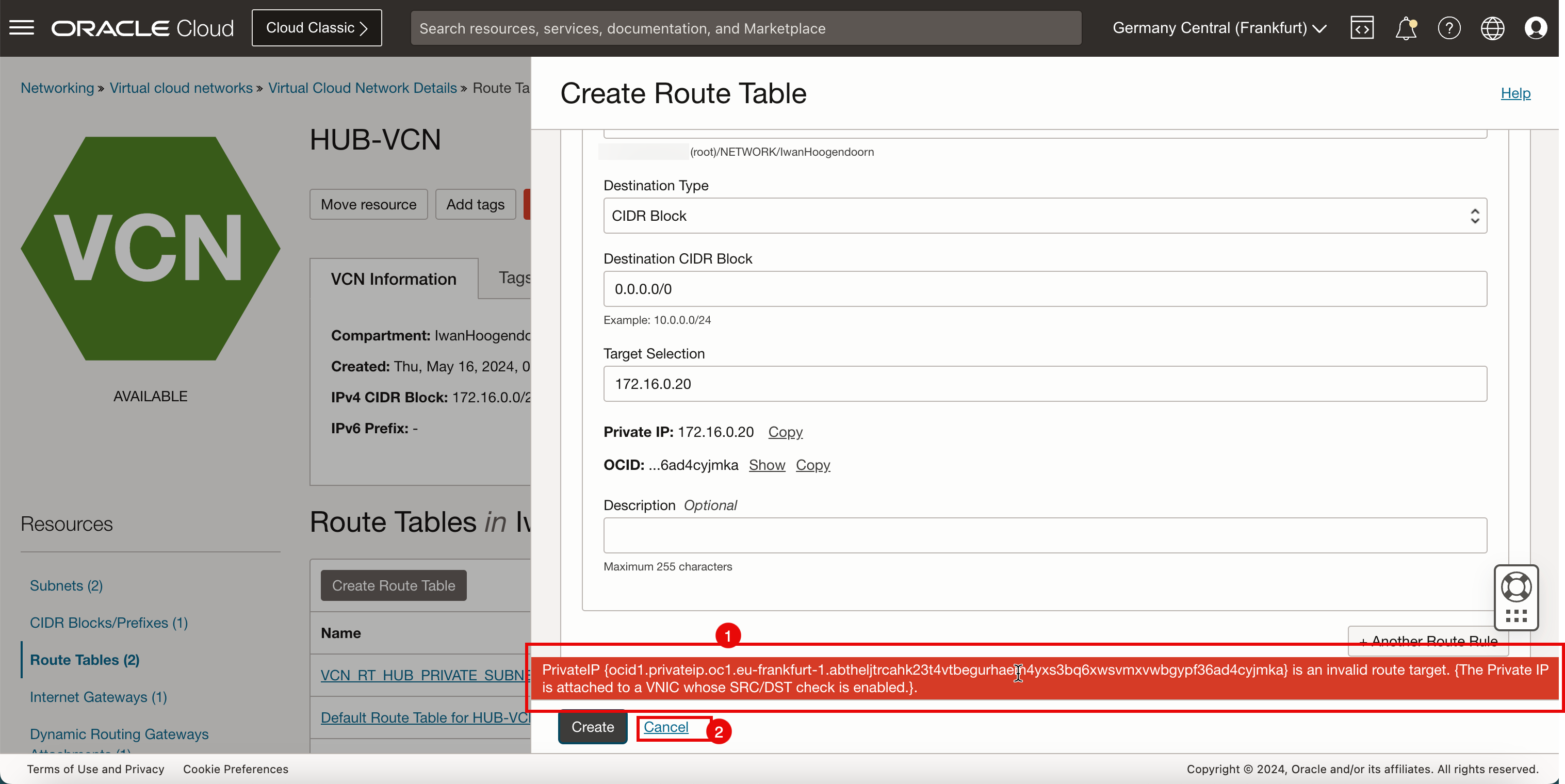

-

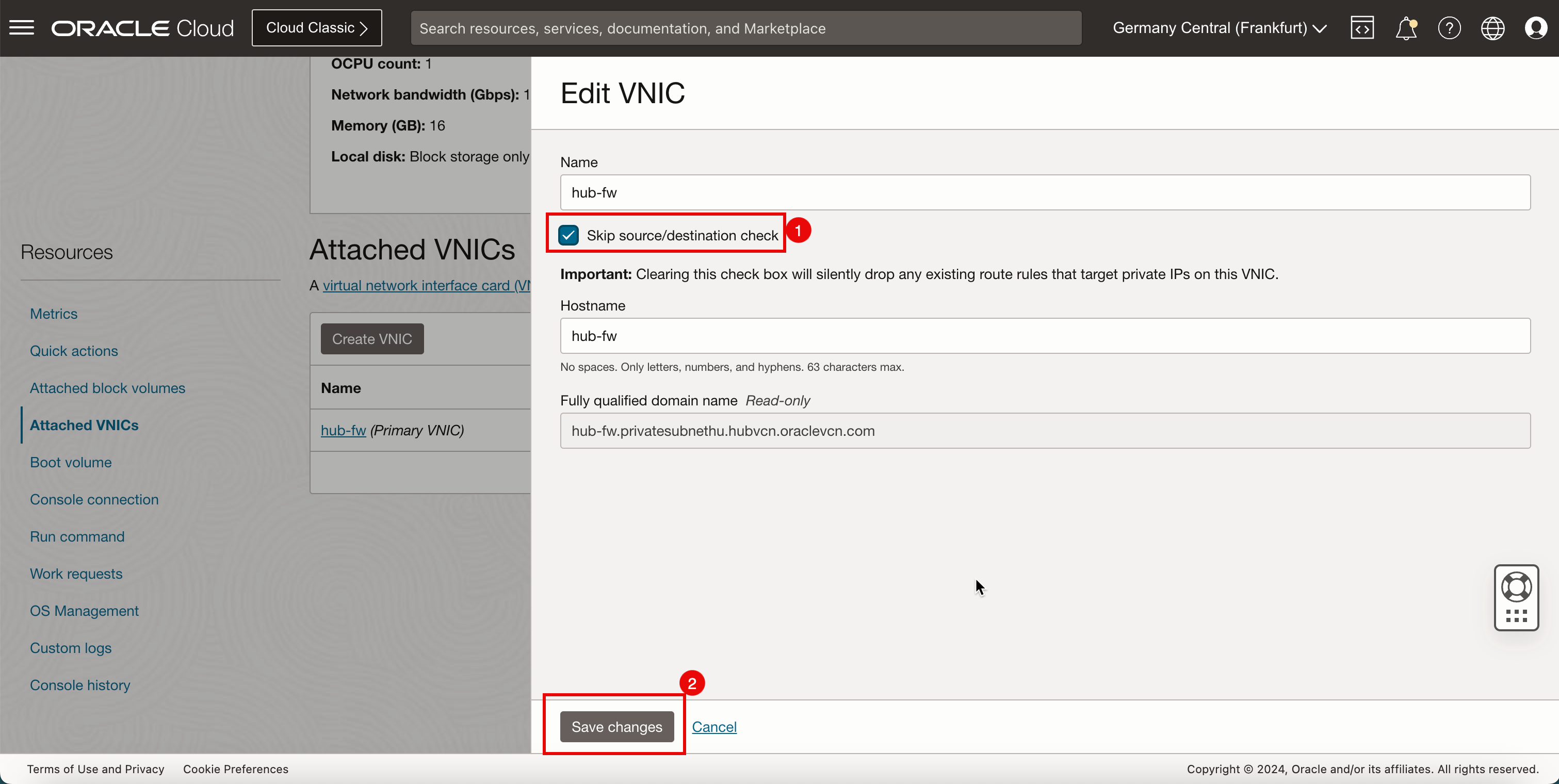

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled)오류가 표시됩니다. -

취소를 누릅니다.

-

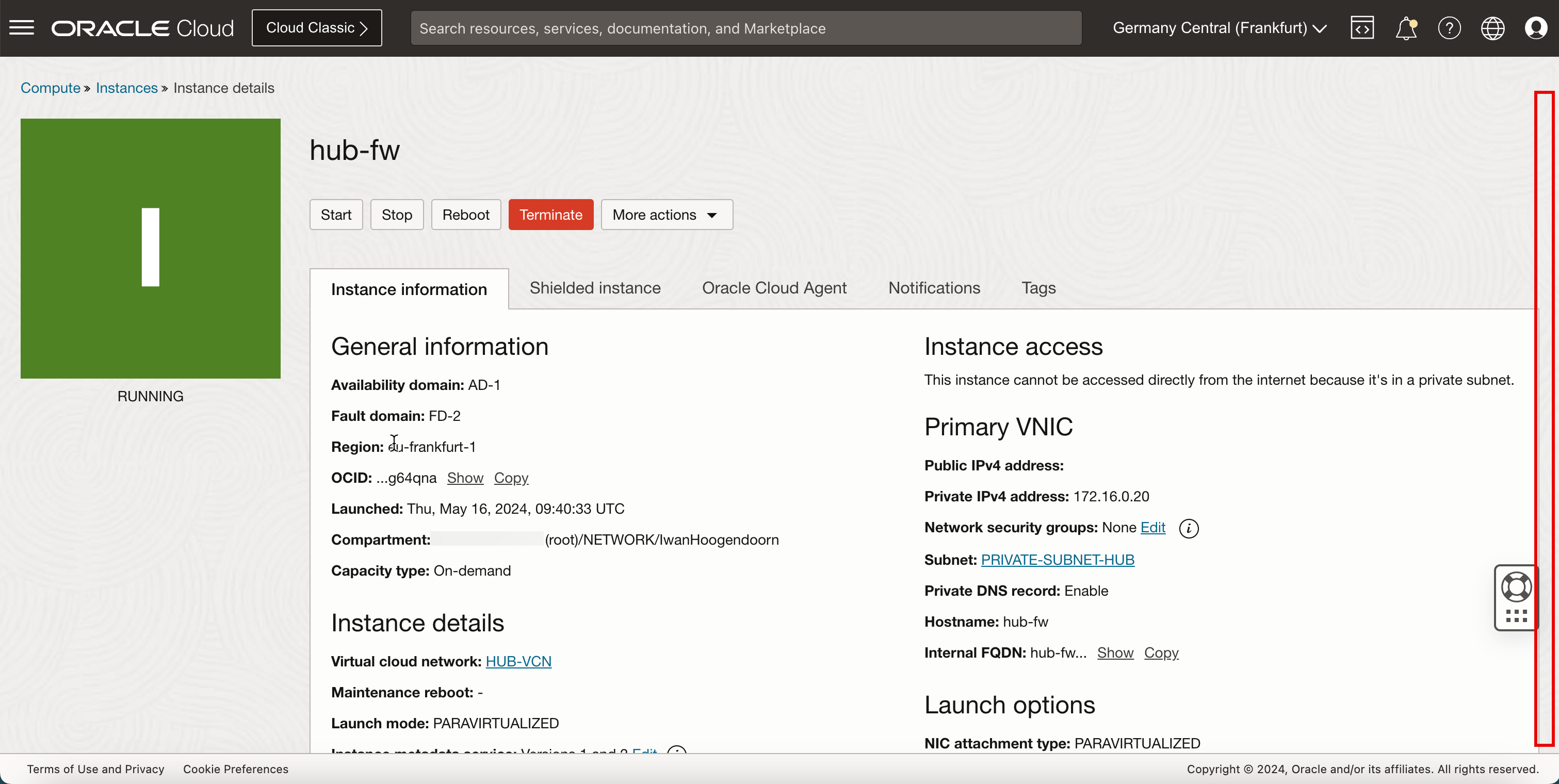

이 문제를 해결하려면 pfSense 방화벽 인스턴스 VNIC에서 소스/대상 검사 건너뛰기를 사용으로 설정해야 합니다.

- 햄버거 메뉴(≡)를 클릭합니다.

- 계산을 누릅니다.

- 인스턴스를 누릅니다.

-

hub-fw(pfSense 인스턴스)을 누릅니다.

-

아래로.

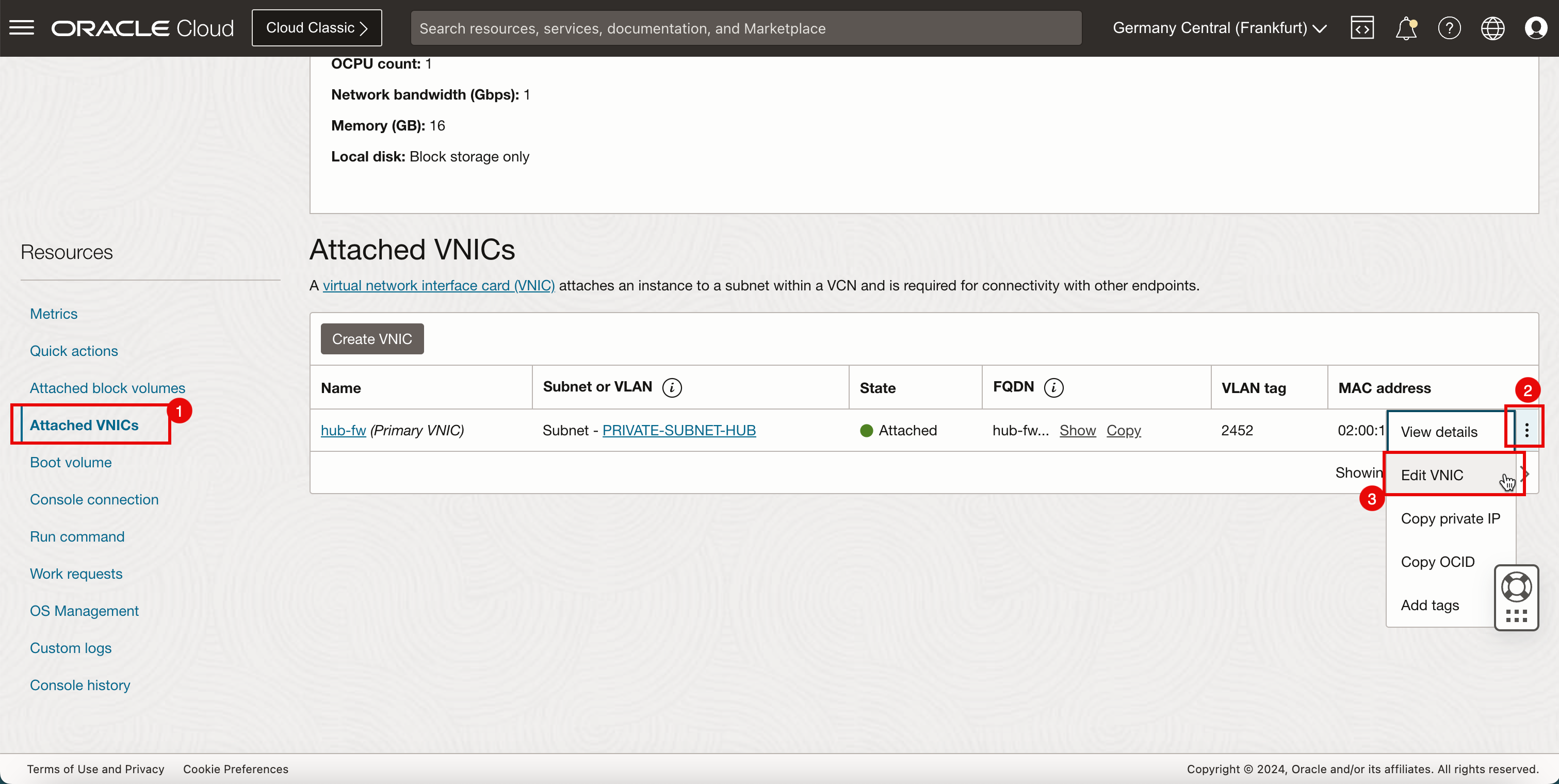

- Attached VNICs(연결된 VNIC)를 누릅니다.

- VNIC의 3개 점을 누릅니다.

- Edit VNIC를 누릅니다.

- 소스/대상 검사 건너뛰기를 선택합니다.

- 변경 사항 저장을 누릅니다.

-

이제 hub VNC 경로 지정 테이블을 생성합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 가상 클라우드 네트워크를 누릅니다.

-

허브 VCN을 누릅니다.

- 경로 테이블을 누릅니다.

- 경로 테이블 생성을 누릅니다.

- 새 허브 VCN 경로 테이블의 이름을 입력합니다.

- + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 아래로.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - Create를 누릅니다.

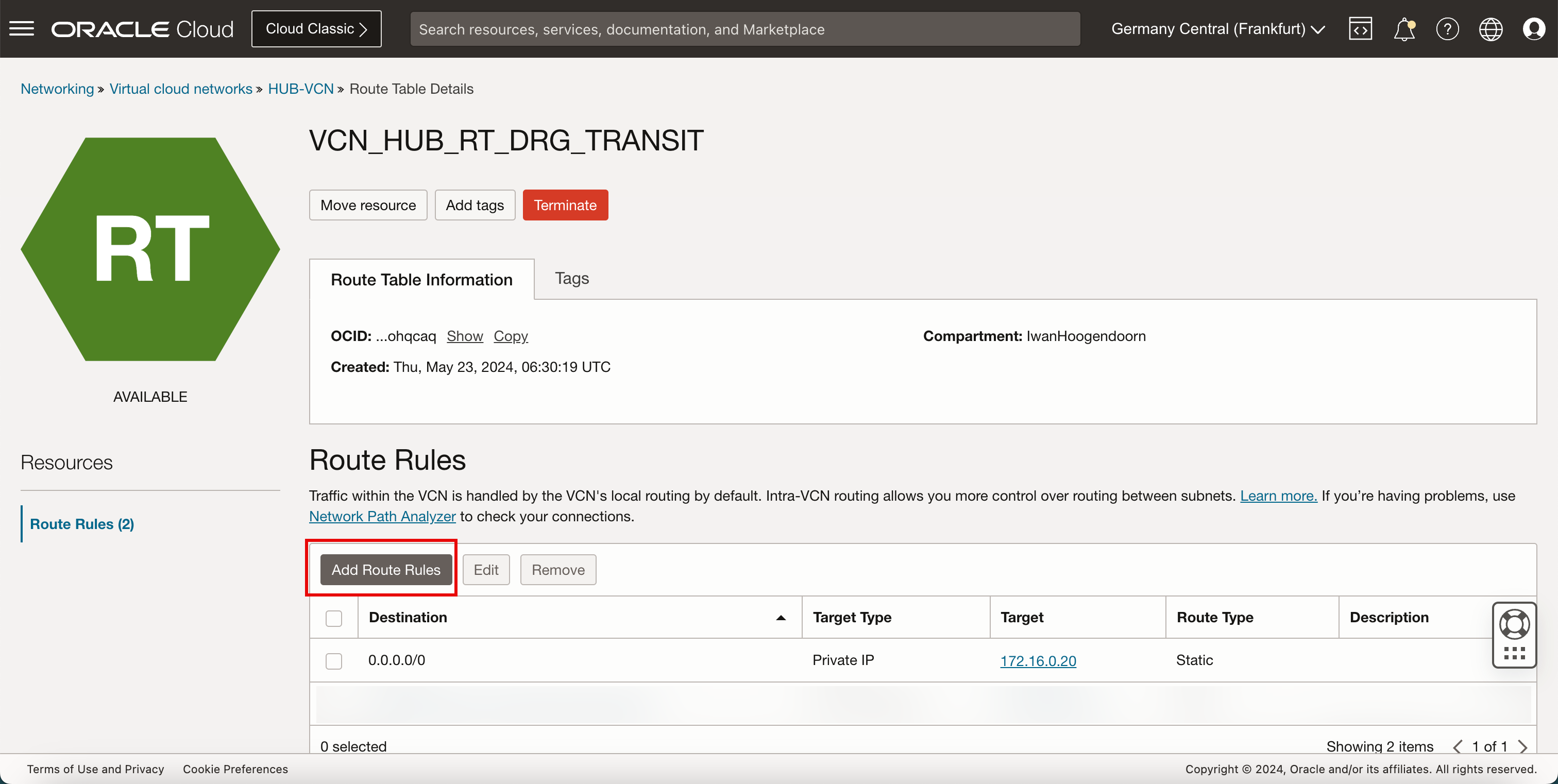

-

VCN_HUB_RT_DRG_TRANSIT경로 테이블에 경로를 세 개 더 추가해야 합니다. -

Add Route Rules를 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.1.0/24을 입력합니다. - 대상 선택에

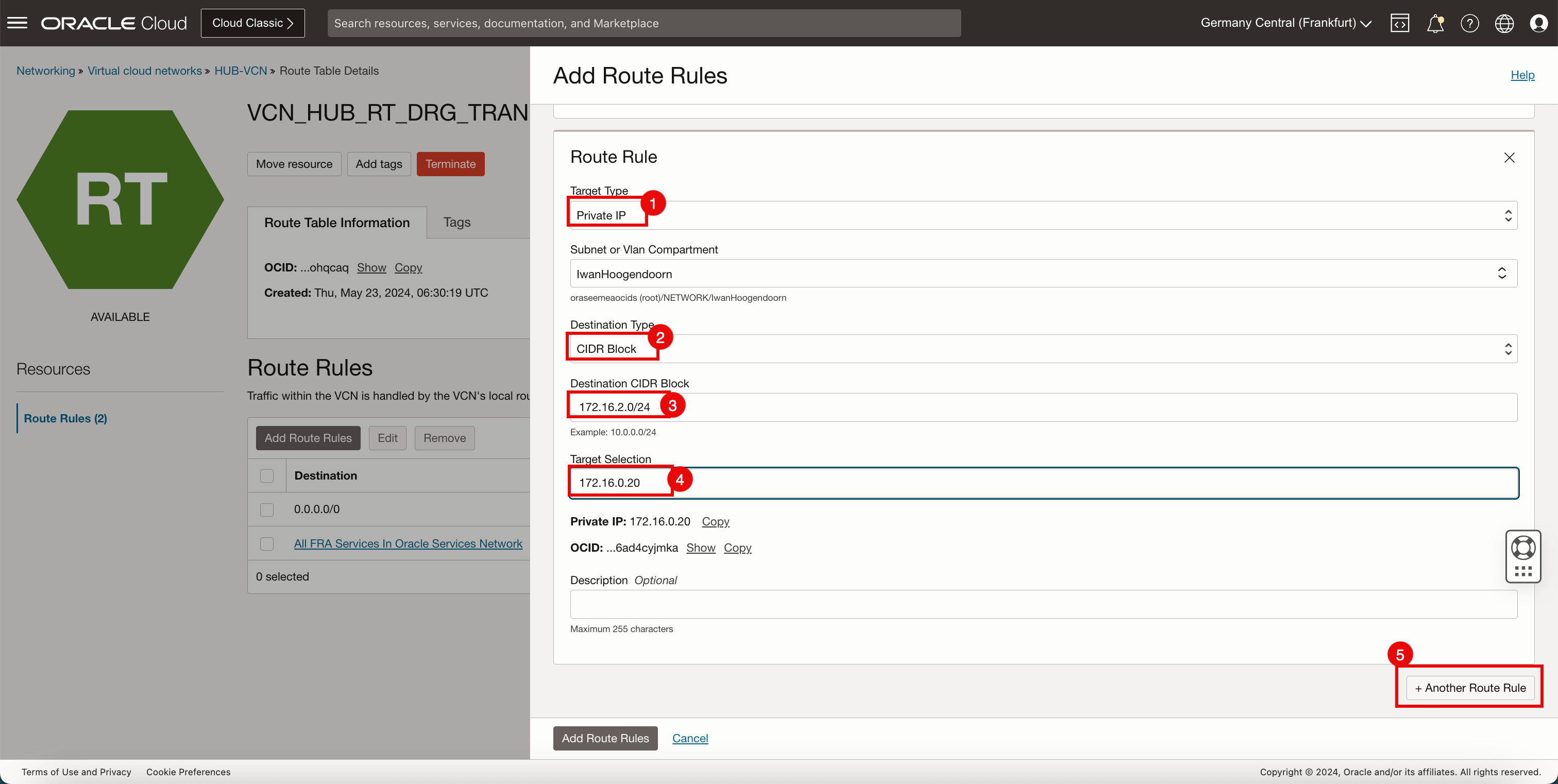

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - + 다른 경로 규칙을 누릅니다.

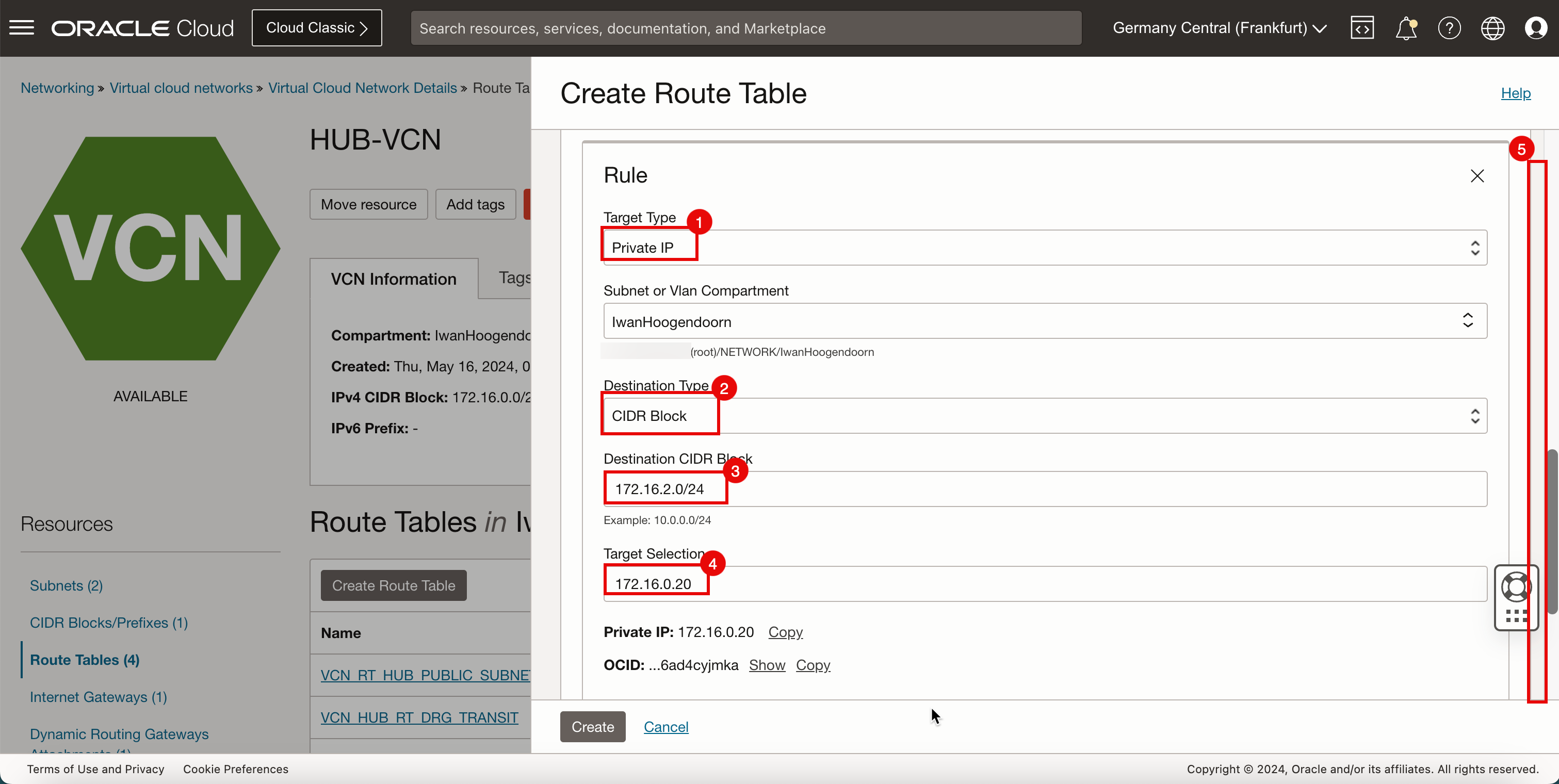

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.2.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - + 다른 경로 규칙을 누릅니다.

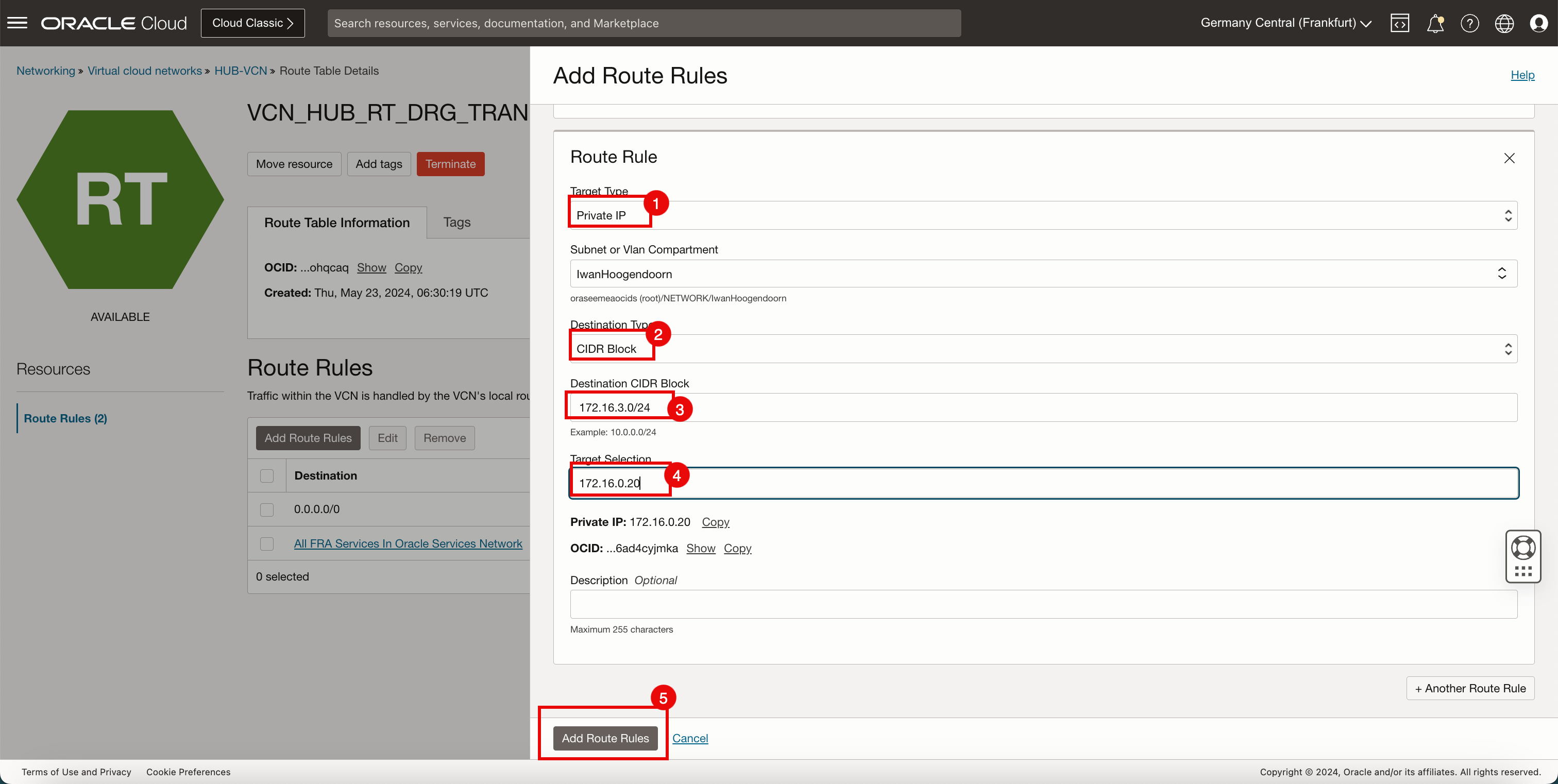

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.3.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - + 다른 경로 규칙을 누릅니다.

- 4개의 경로 규칙이 생성되었습니다.

- 허브 VCN을 눌러 허브 VCN 페이지로 돌아갑니다.

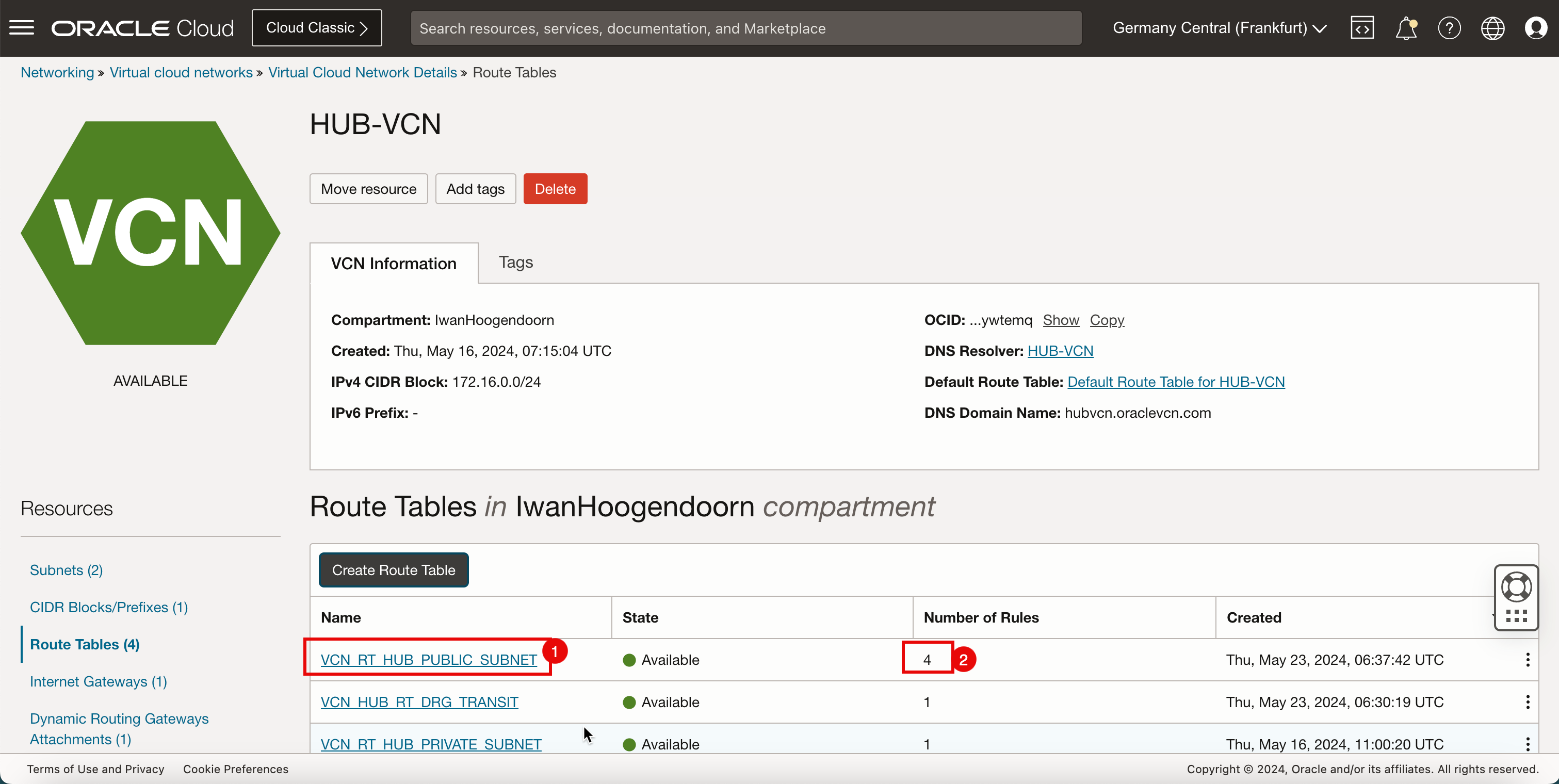

- 이제 허브 VCN 라우팅 테이블이 목록에 있습니다.

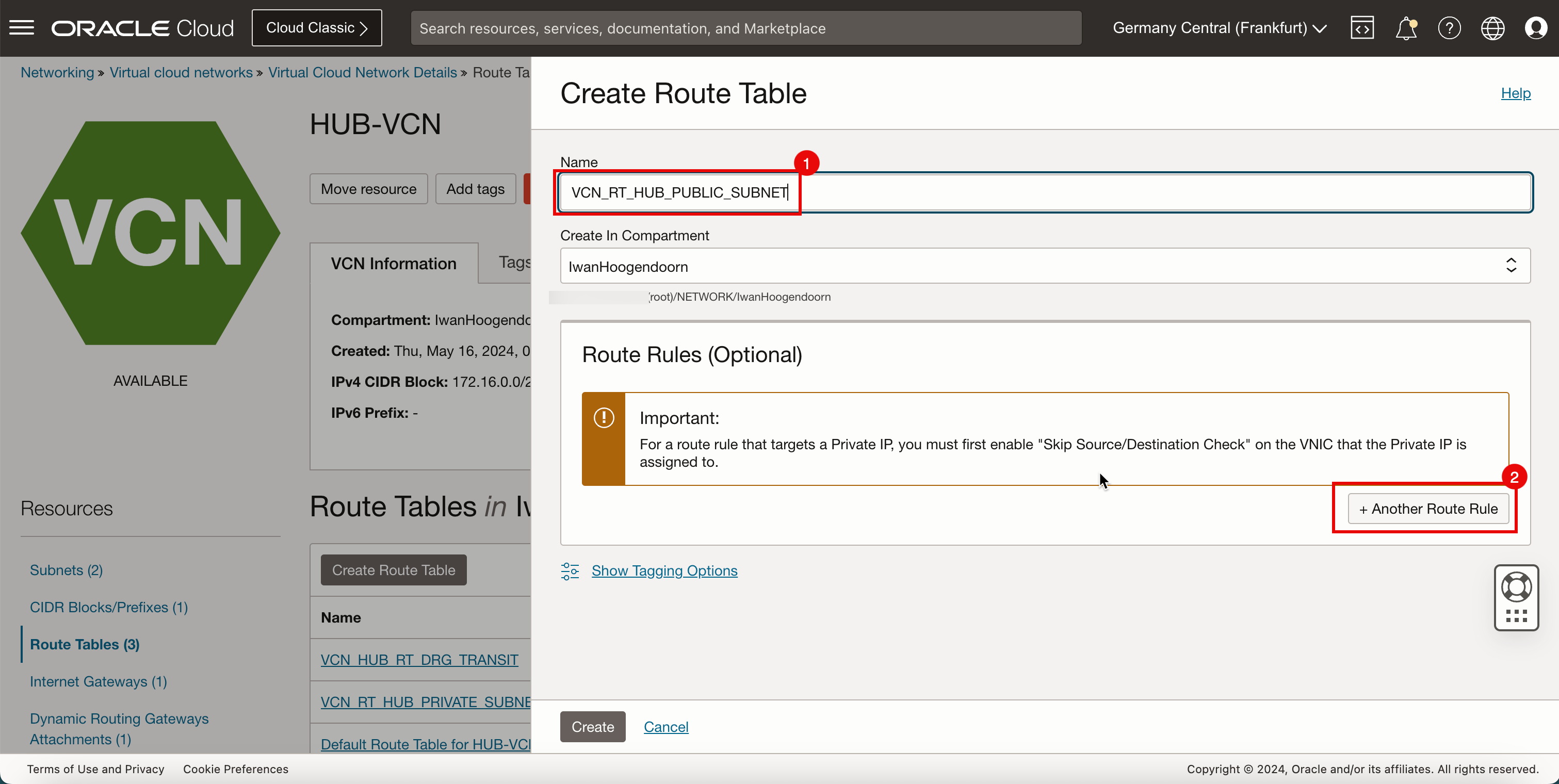

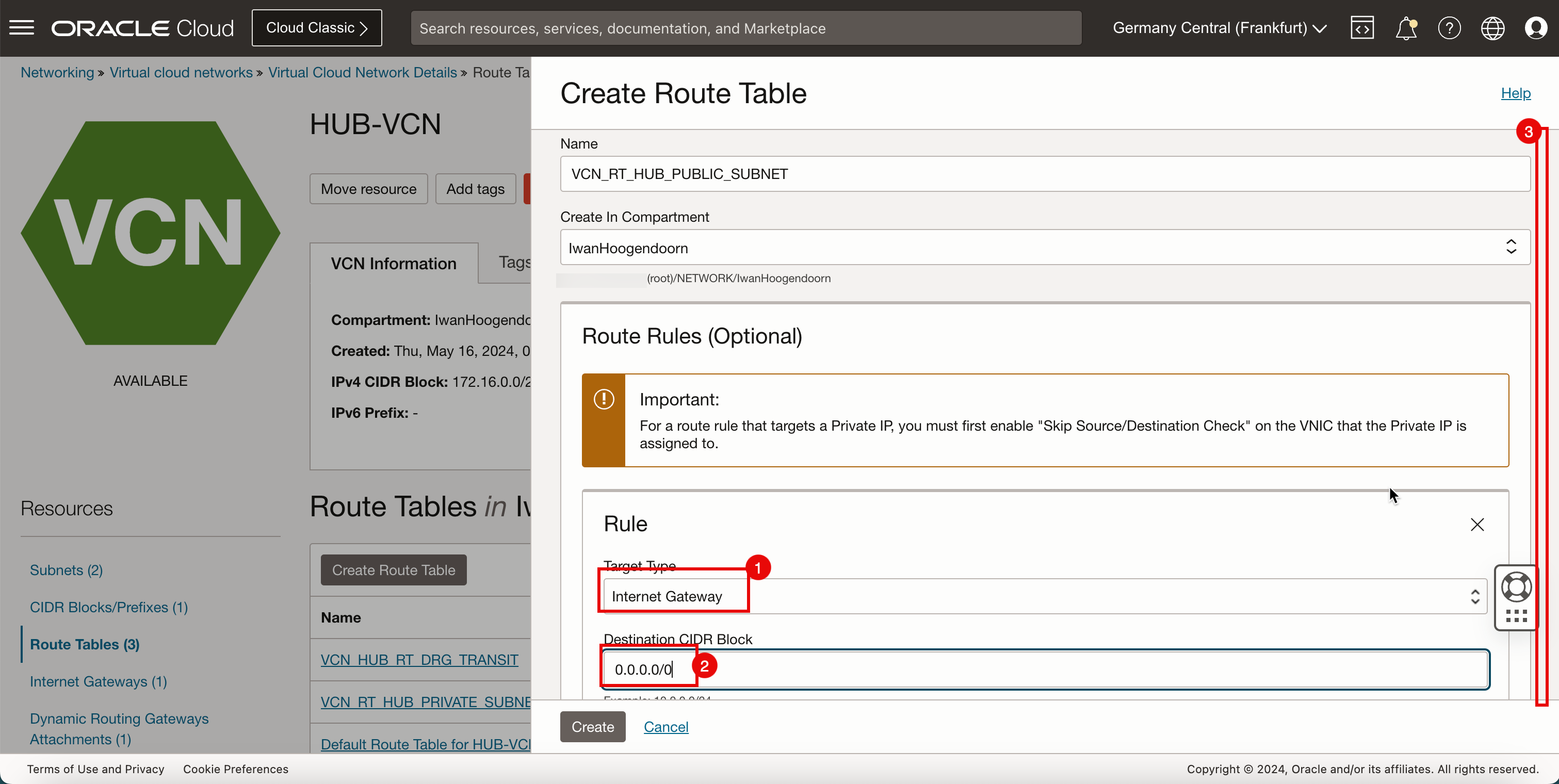

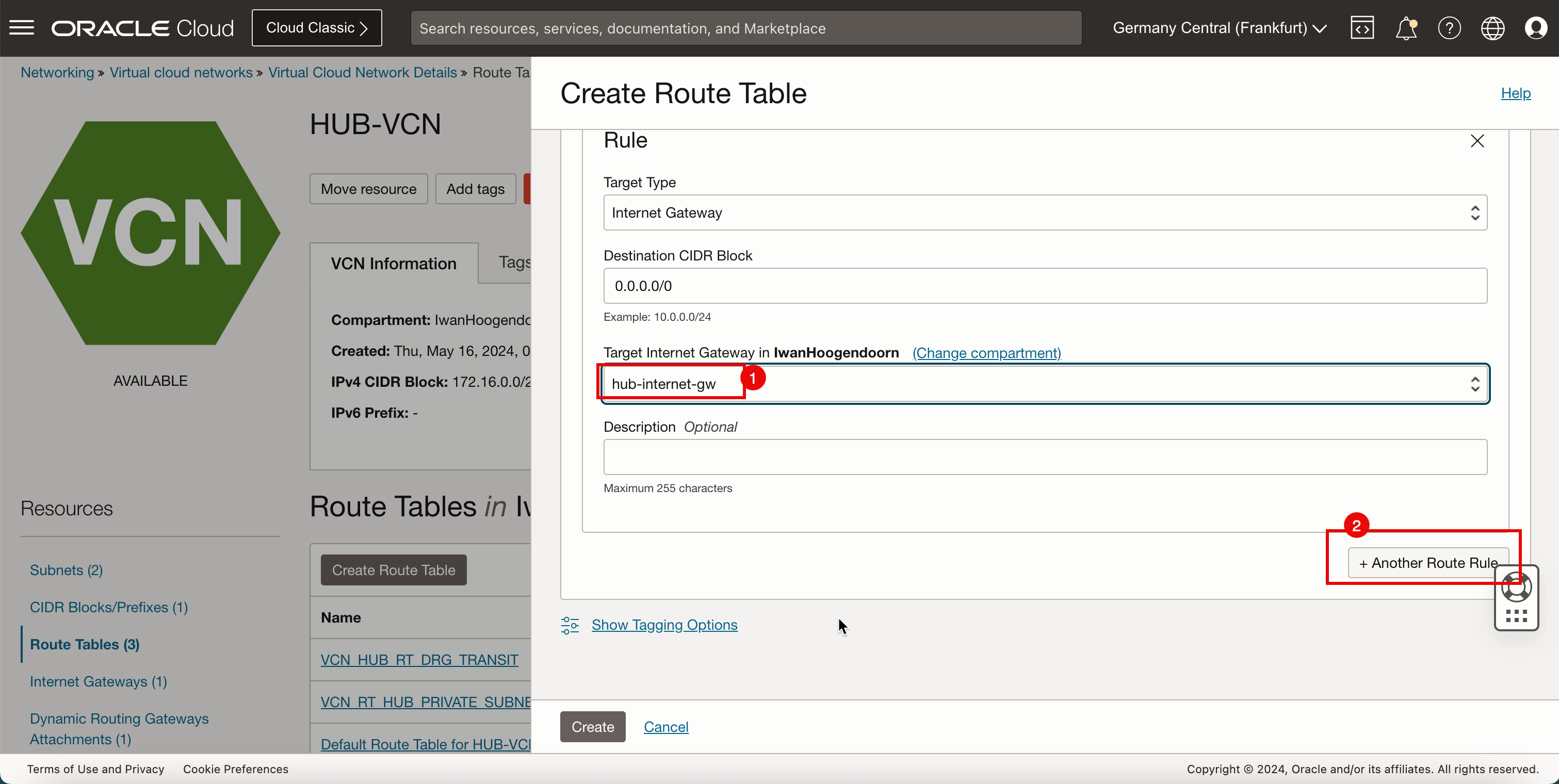

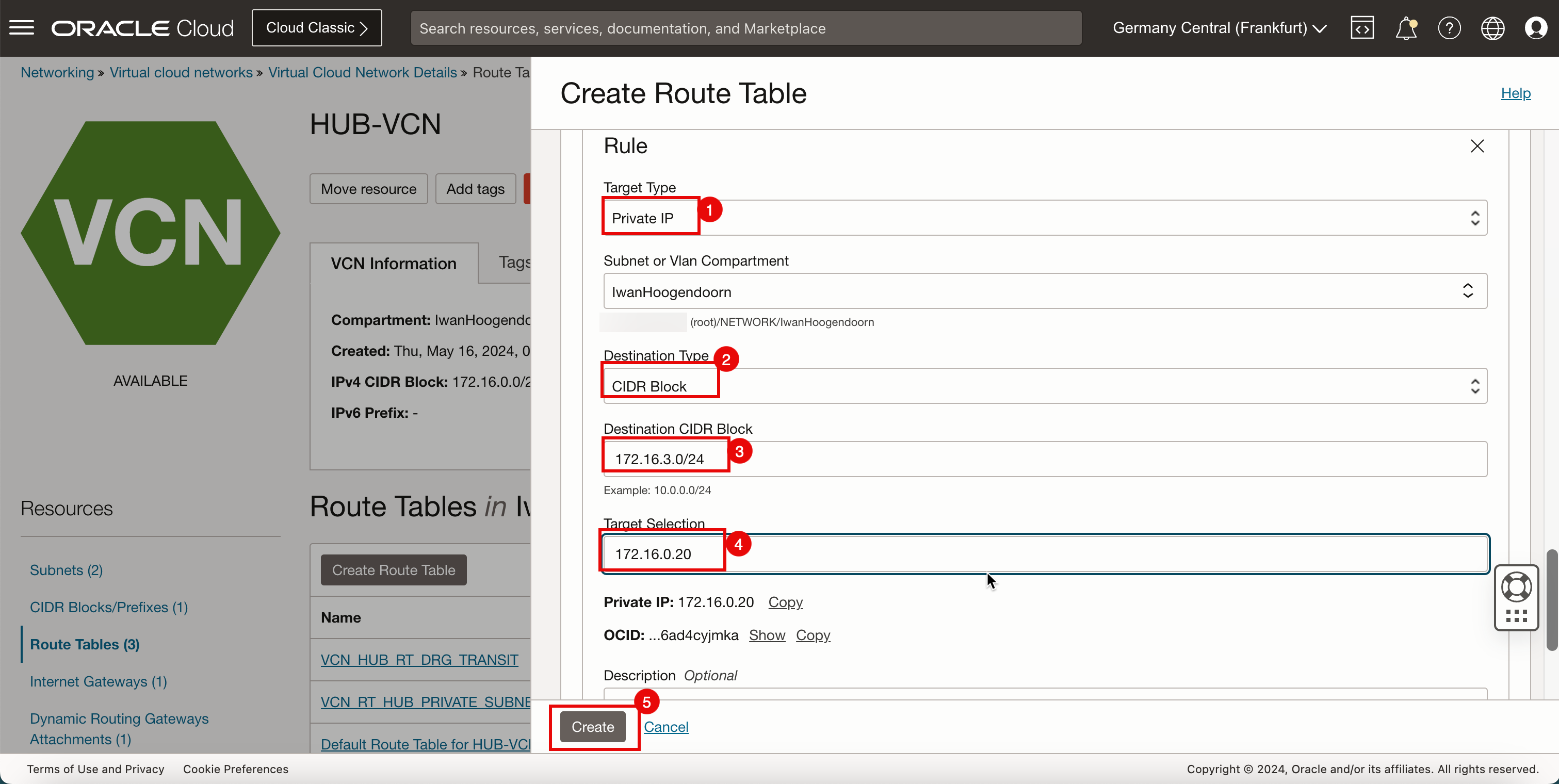

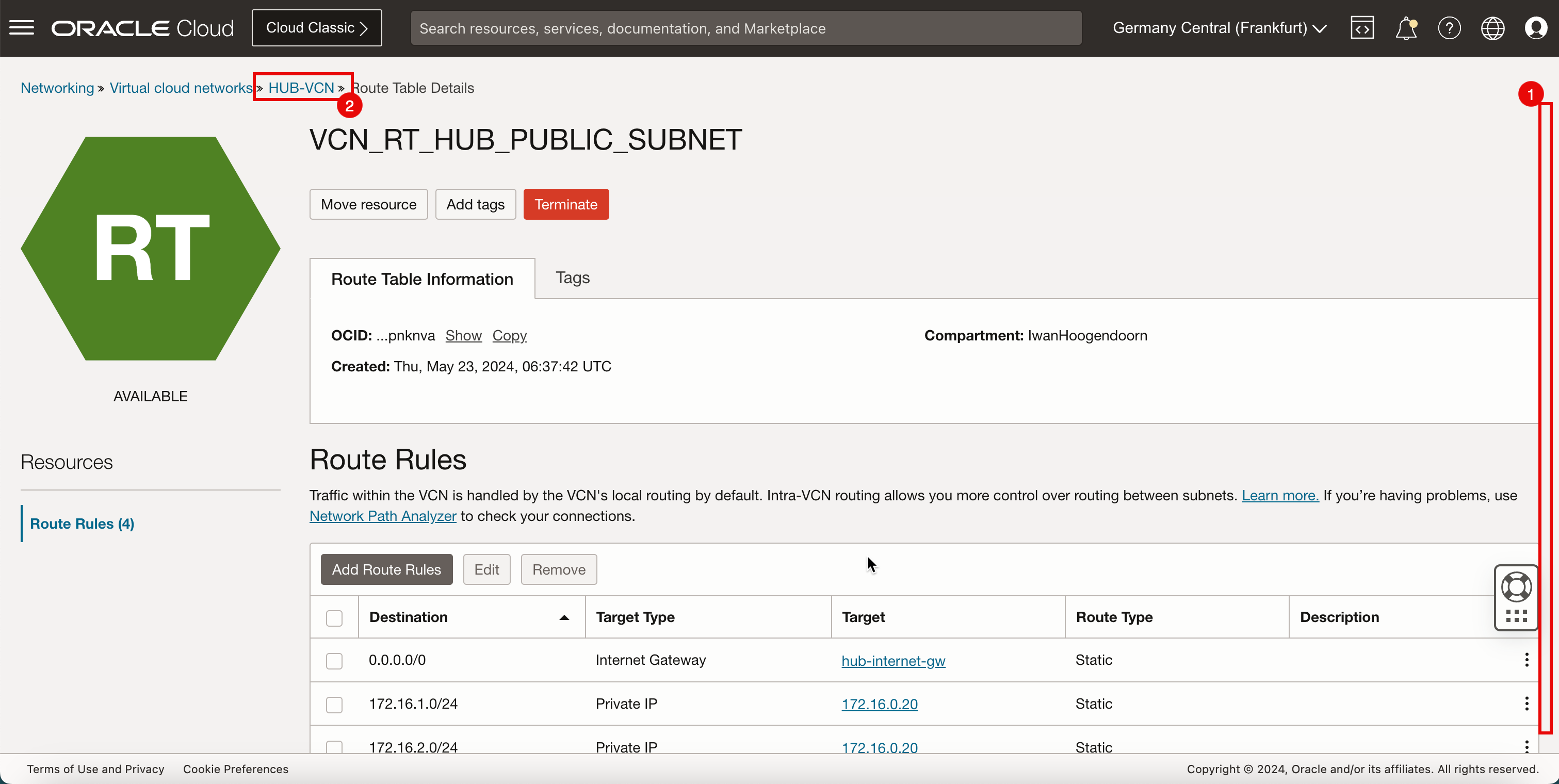

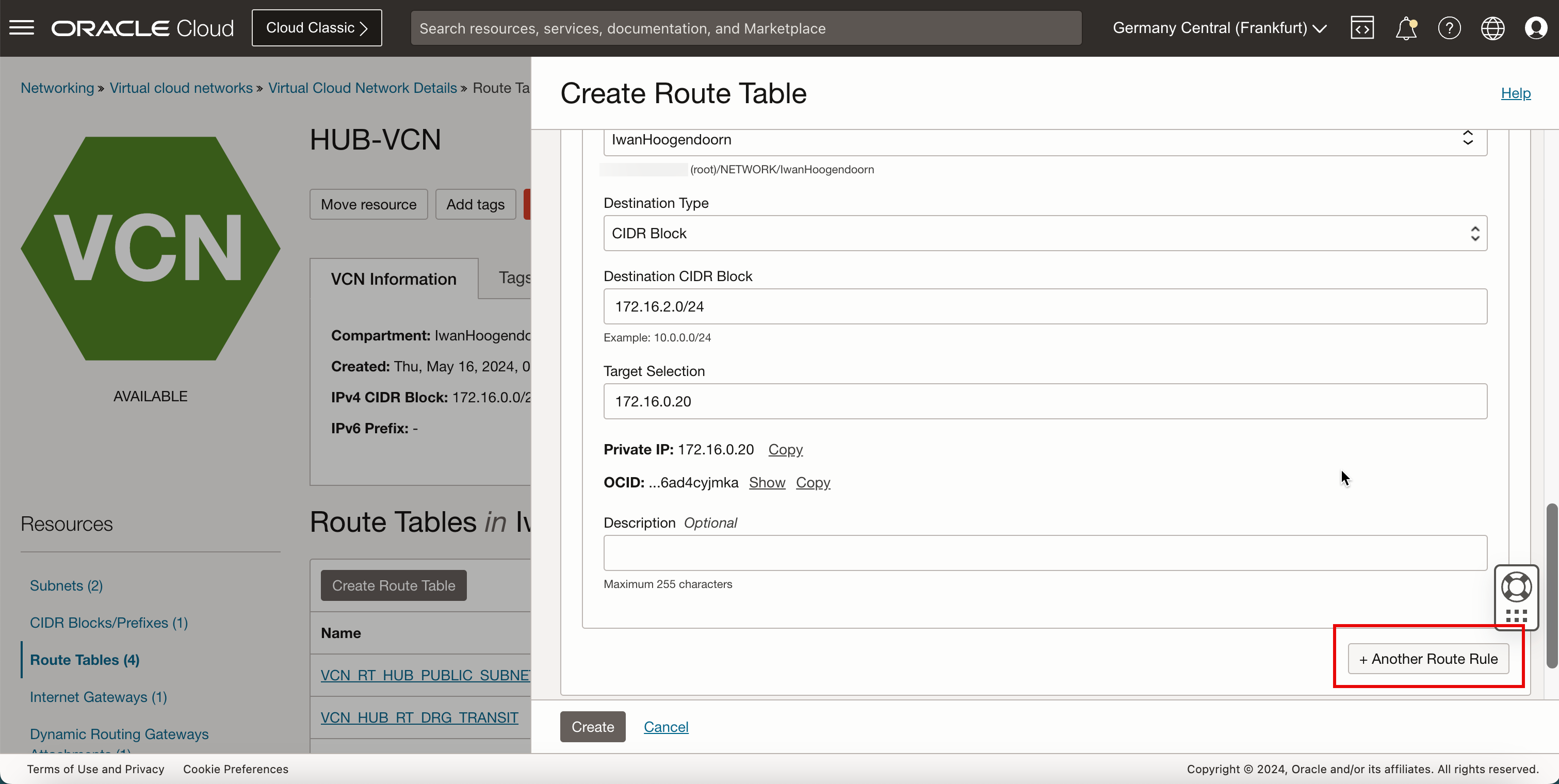

- 경로 테이블 생성을 다시 눌러 공용 서브넷에 대한 다른 허브 VCN 경로 테이블을 생성합니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

허브 VCN에 경로 테이블(

VCN_RT_HUB_PUBLIC_SUBNET)을 생성합니다.대상 대상 유형 Target 경로 유형 0.0.0.0/0 인터넷 게이트웨이 허브-인터넷-게이트웨이 정적 172.16.1.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.2.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.3.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 -

경로 테이블 생성.

- 공용 서브넷의 새 허브 VCN 경로 테이블에 대한 이름을 입력합니다.

- + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 인터넷 게이트웨이를 선택합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - 아래로.

- 대상 인터넷 게이트웨이에서 이전에 생성한 인터넷 게이트웨이를 선택합니다.

- + 다른 경로 규칙을 누릅니다.

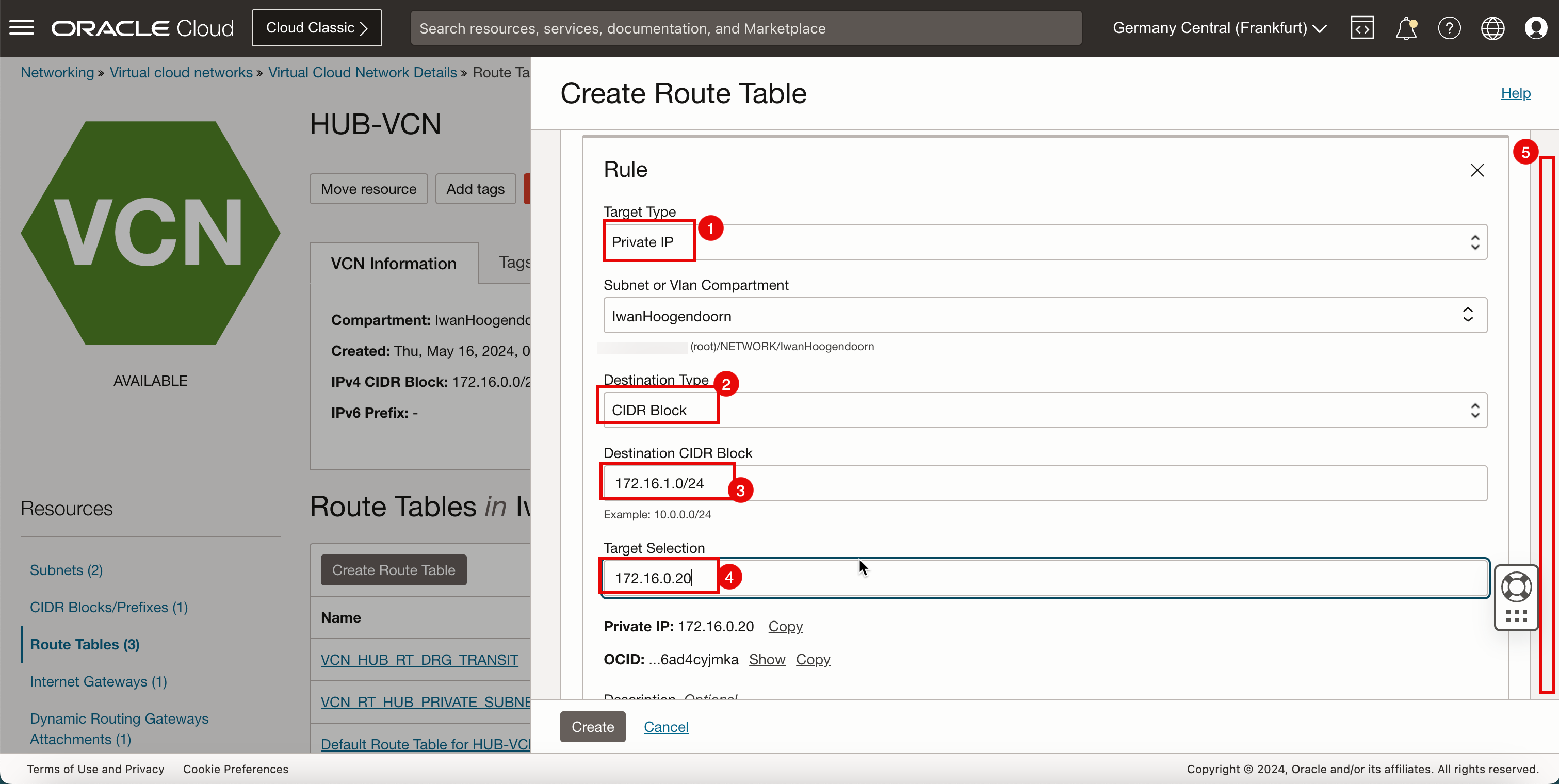

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.1.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

-

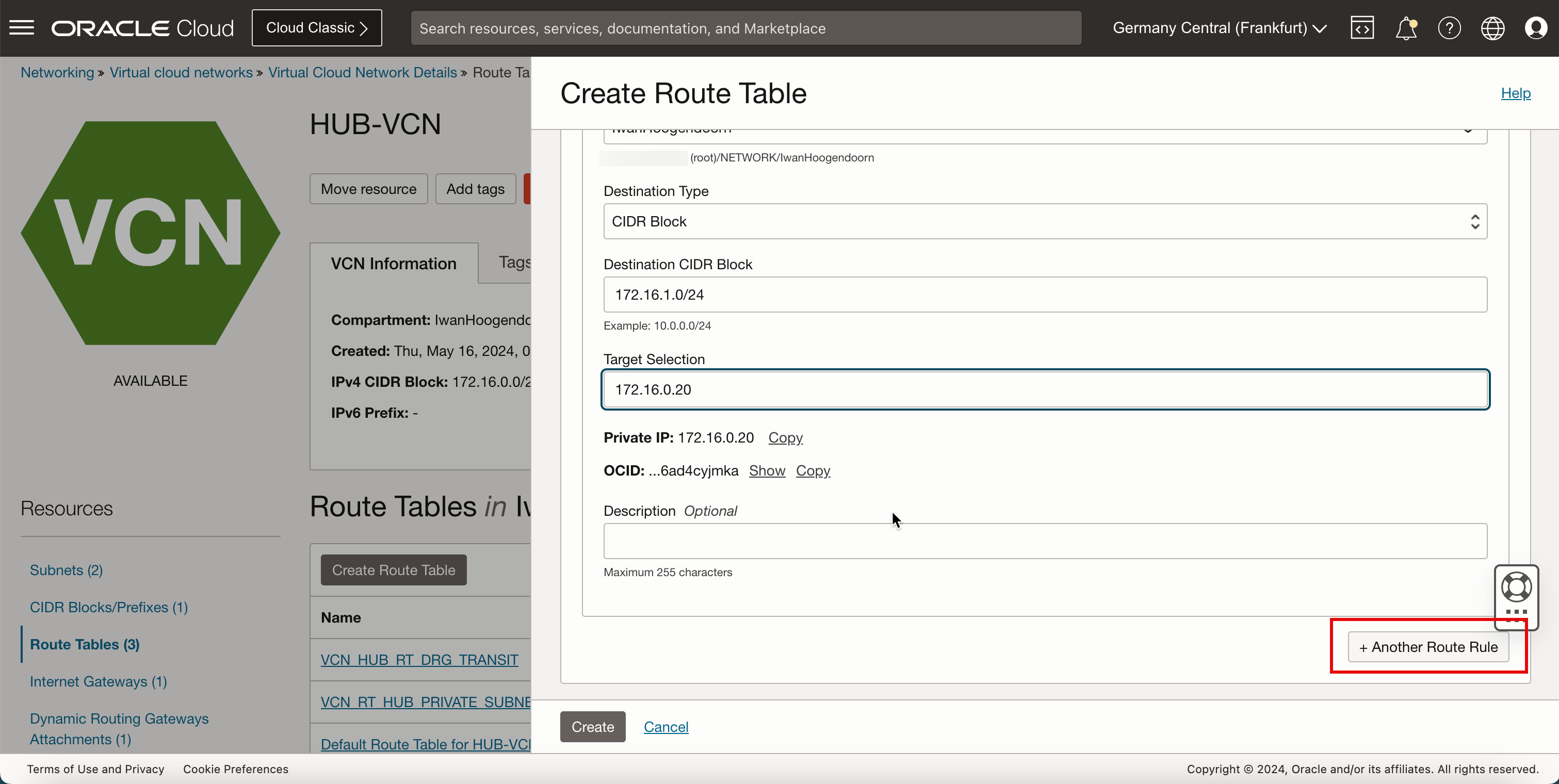

+ 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.2.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

-

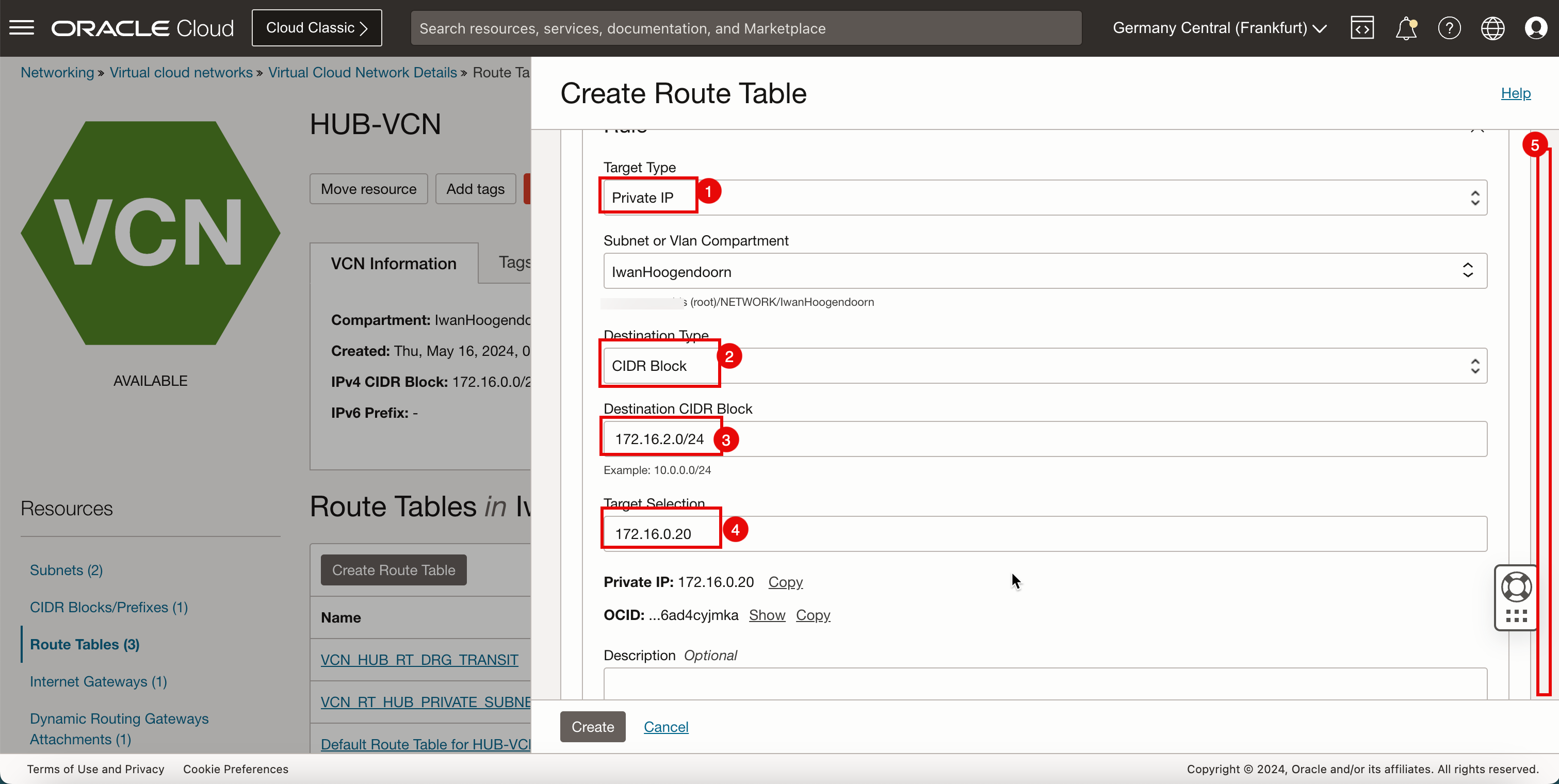

+ 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.3.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

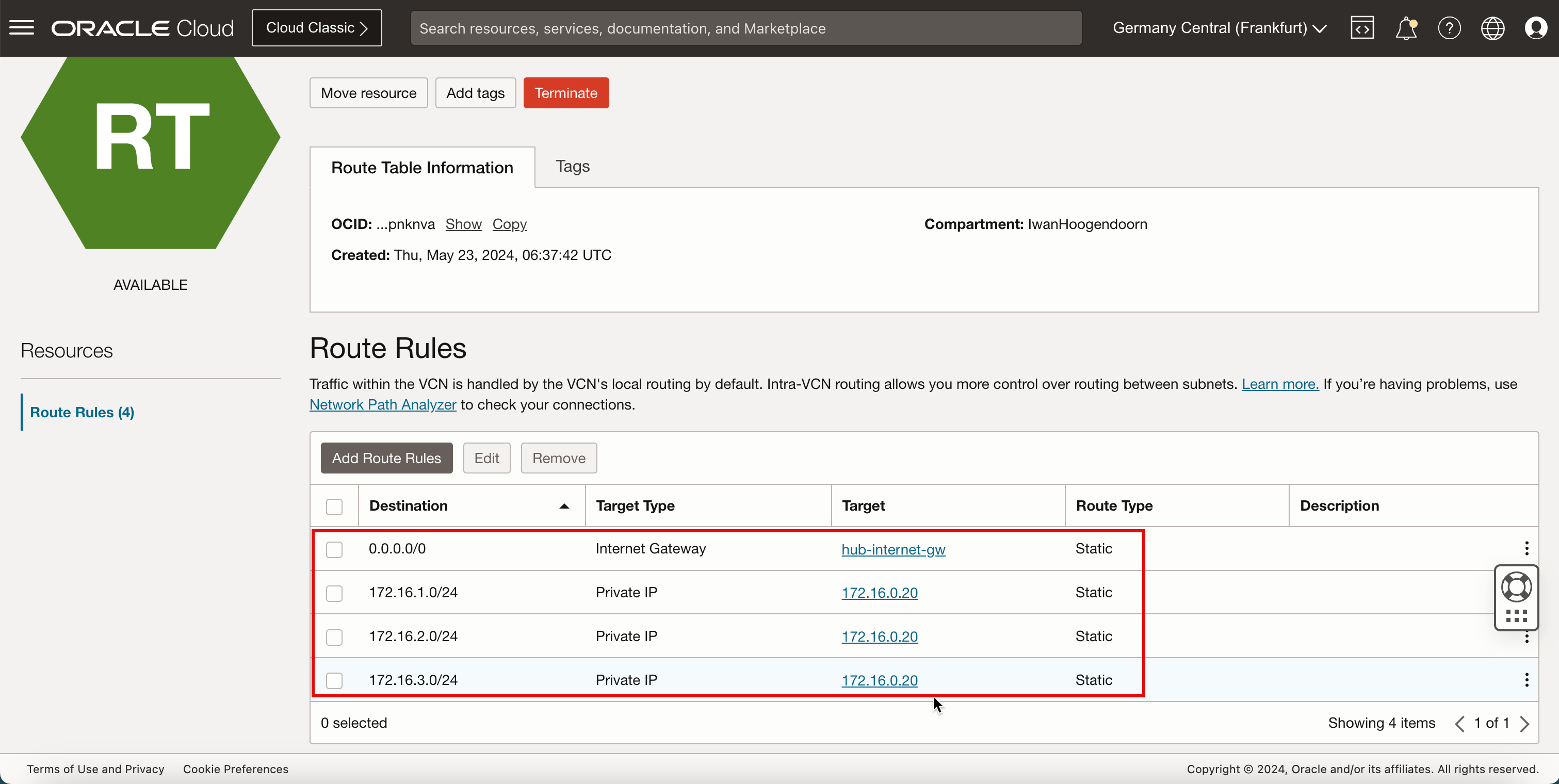

- 공용 서브넷에 대한 경로 테이블이 만들어집니다. 경로 지정 테이블 이름을 누릅니다.

- 또한 이 경로 지정 테이블에는 4개의 경로 지정 규칙이 포함되어 있습니다.

-

4개의 경로 규칙이 있는 경우 주의하십시오.

- 위로 이동.

- 허브 VCN을 눌러 허브 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

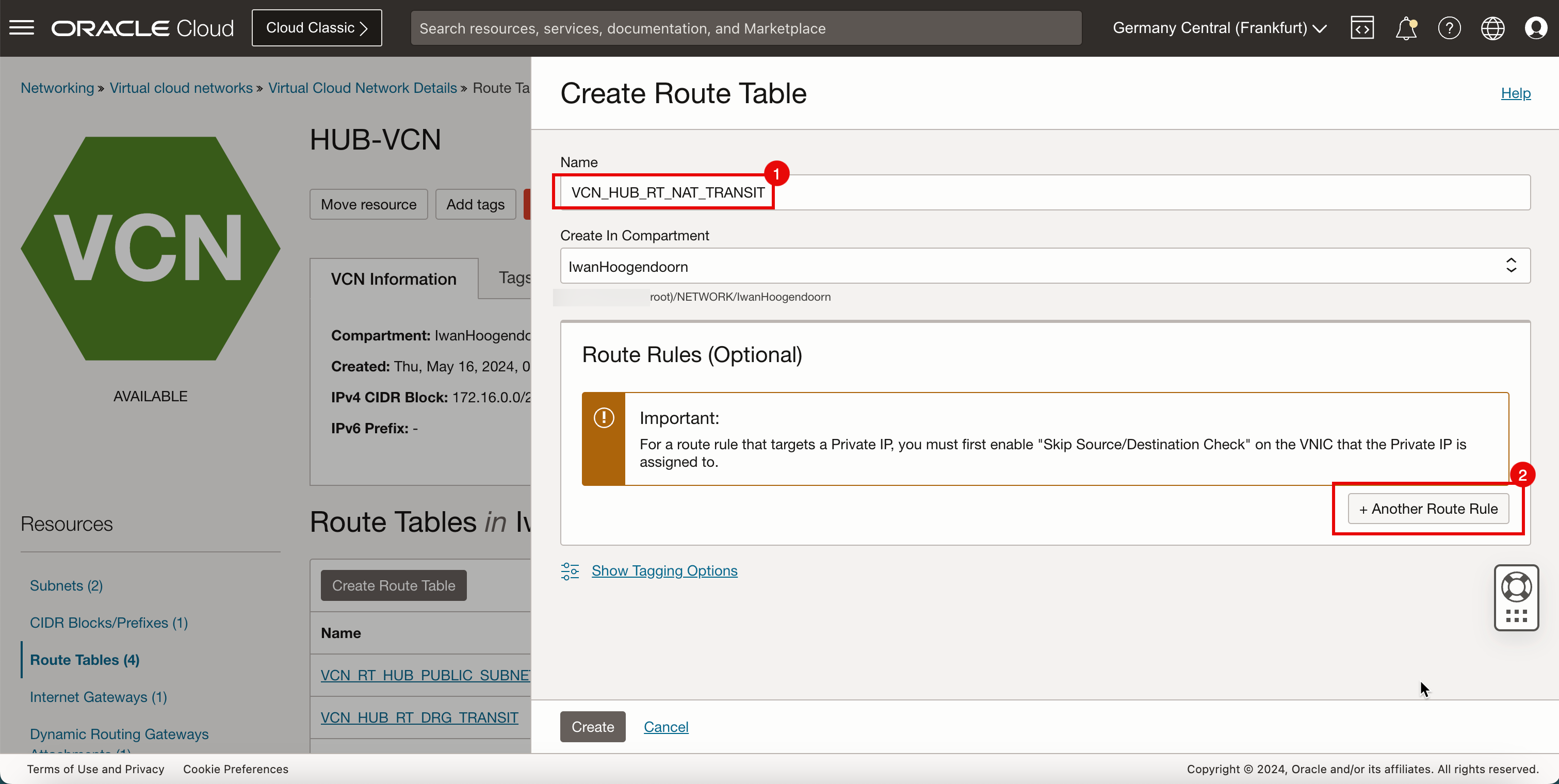

-

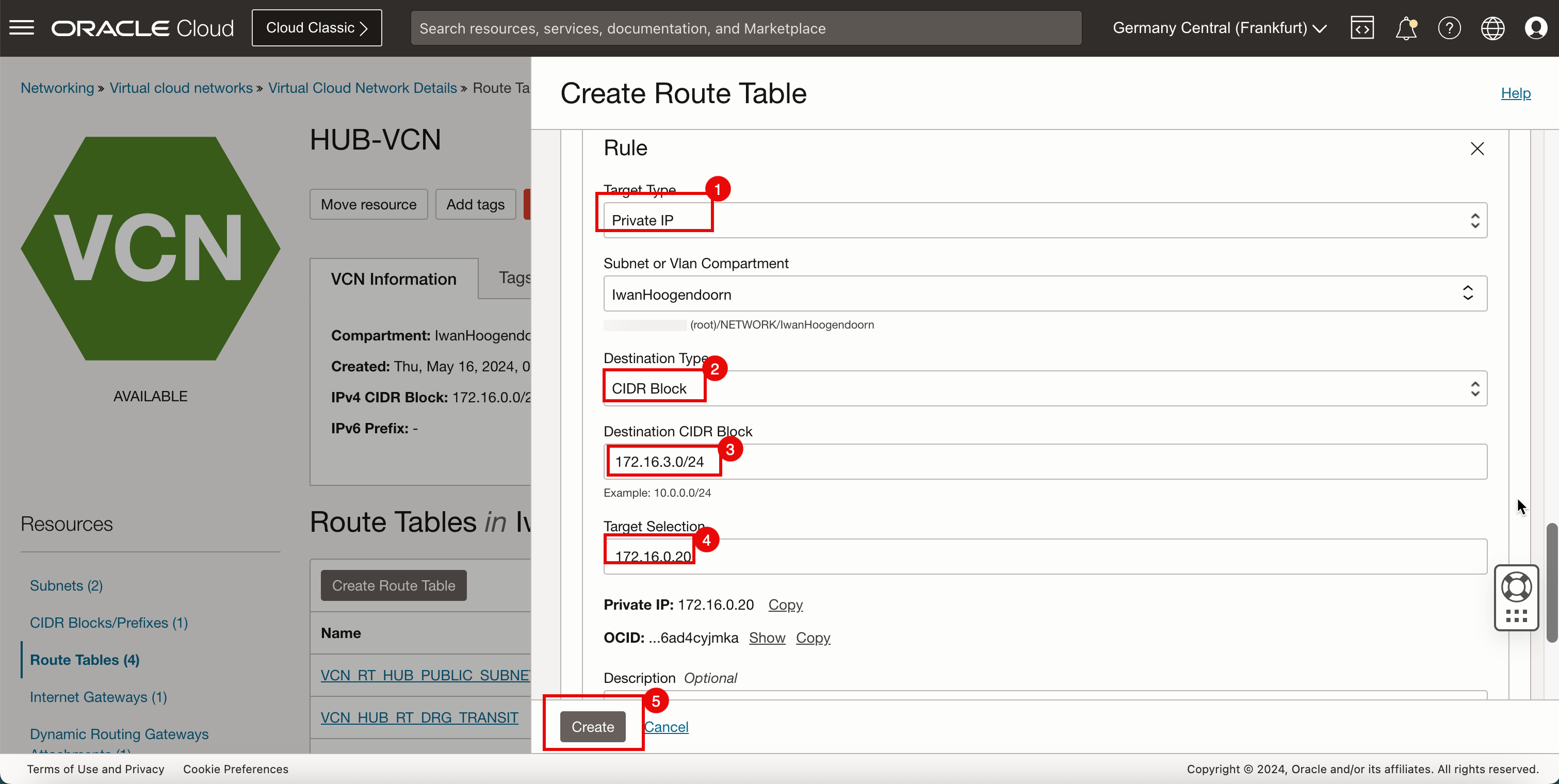

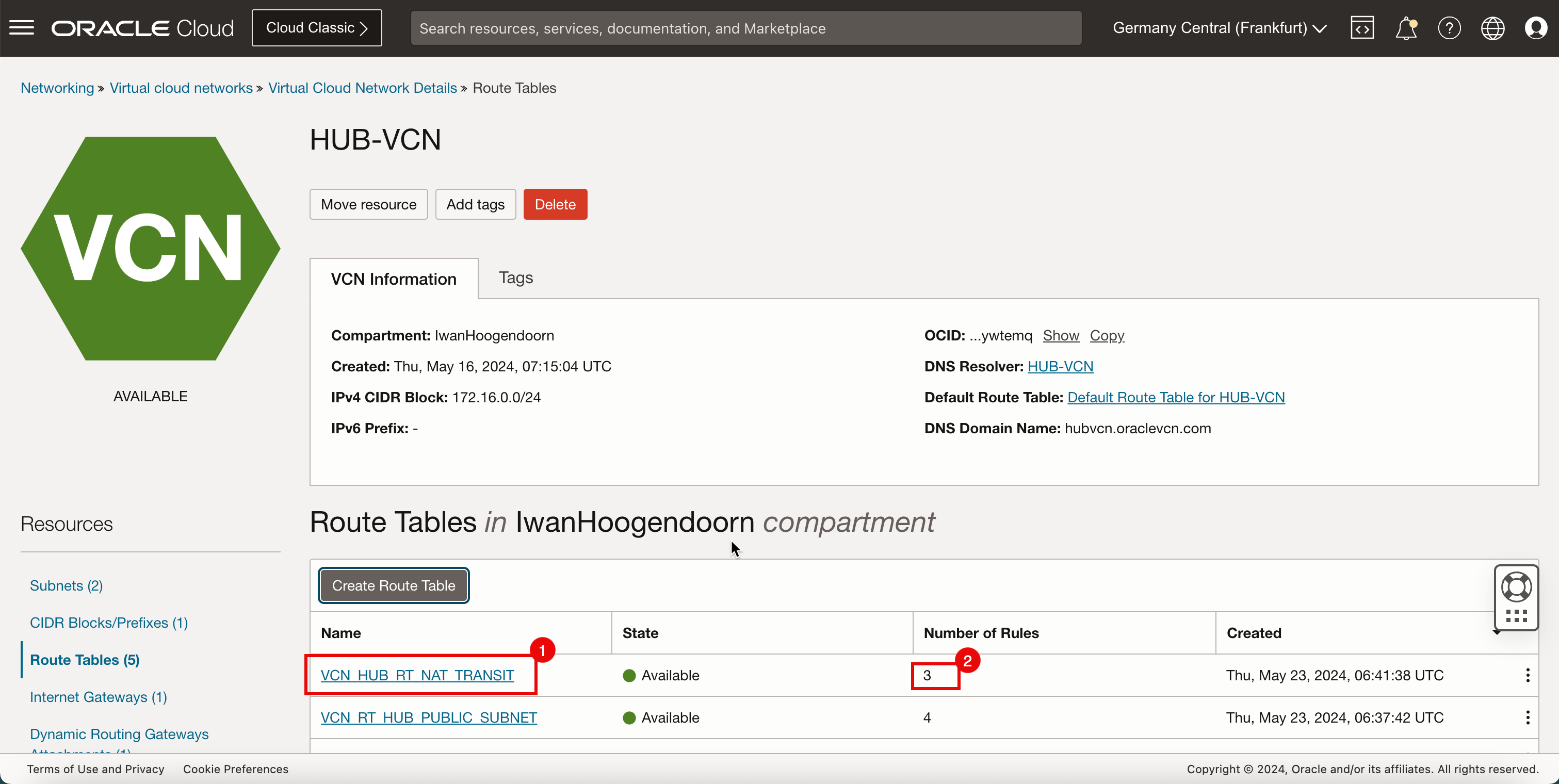

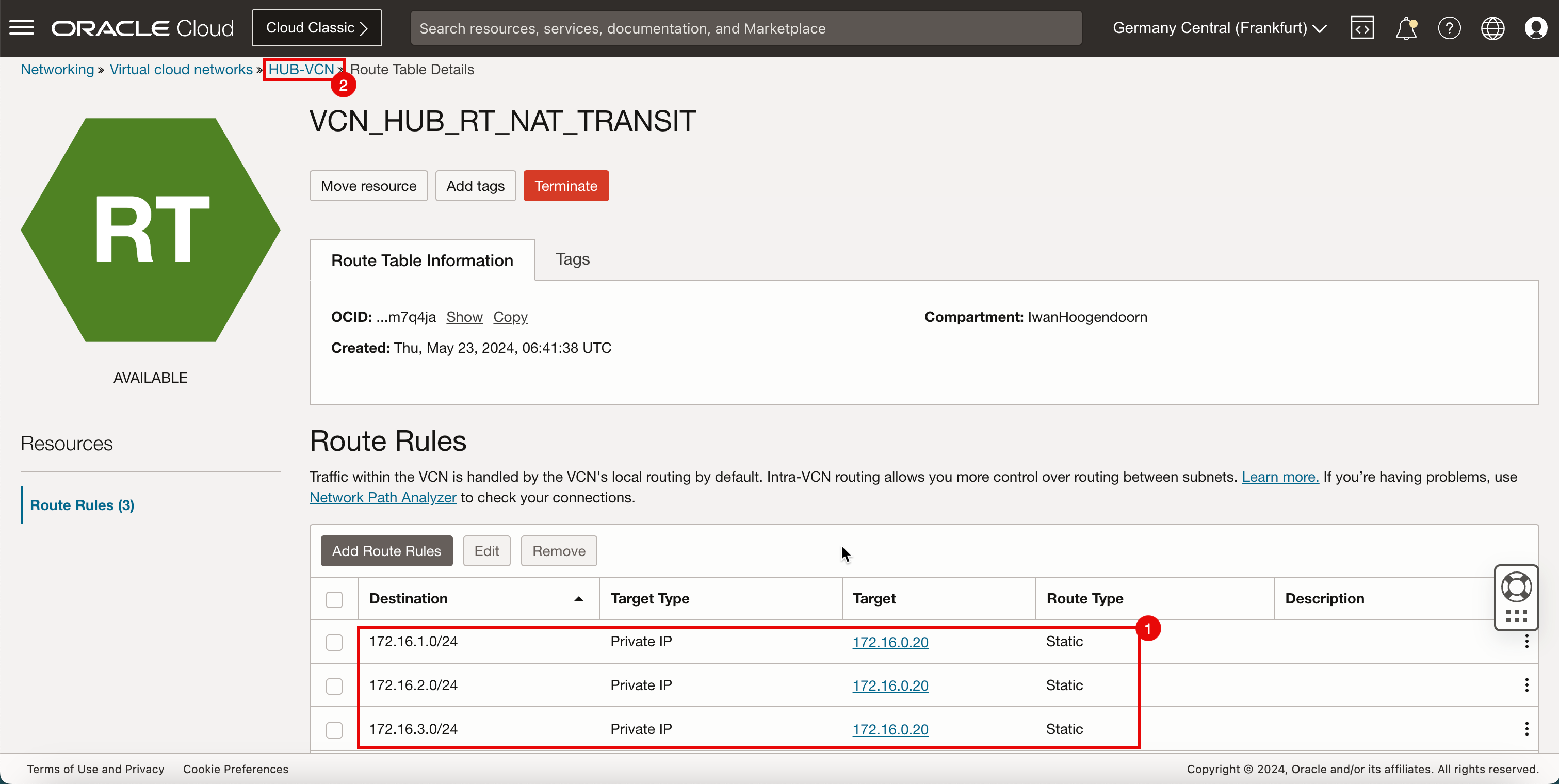

허브 VCN에서 경로 테이블(

VCN_HUB_RT_NAT_TRANSIT)을 생성합니다.대상 대상 유형 Target 경로 유형 172.16.1.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.2.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 172.16.3.0/24 프라이빗 IP 172.16.0.20(FW IP) 정적 - 경로 테이블을 누릅니다.

- 경로 테이블 생성을 다시 눌러 NAT 게이트웨이에 대한 다른 허브 VCN 경로 테이블을 생성합니다.

- NAT 게이트웨이의 새 허브 VCN 경로 테이블에 대한 이름을 입력합니다.

- + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.1.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

-

+ 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.2.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

-

+ 다른 경로 규칙을 누릅니다.

- 대상 유형에서 개인 IP를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.3.0/24을 입력합니다. - 대상 선택에

172.16.0.20(pfSense 방화벽의 IP 주소)을 입력합니다. - 아래로.

- NAT 게이트웨이의 경로 테이블이 생성됩니다. 경로 지정 테이블 이름을 누릅니다.

- 또한 이 라우팅 테이블에는 3개의 라우팅 규칙이 포함되어 있습니다.

- 우리가 만든 3가지 규칙

- 허브 VCN을 눌러 허브 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

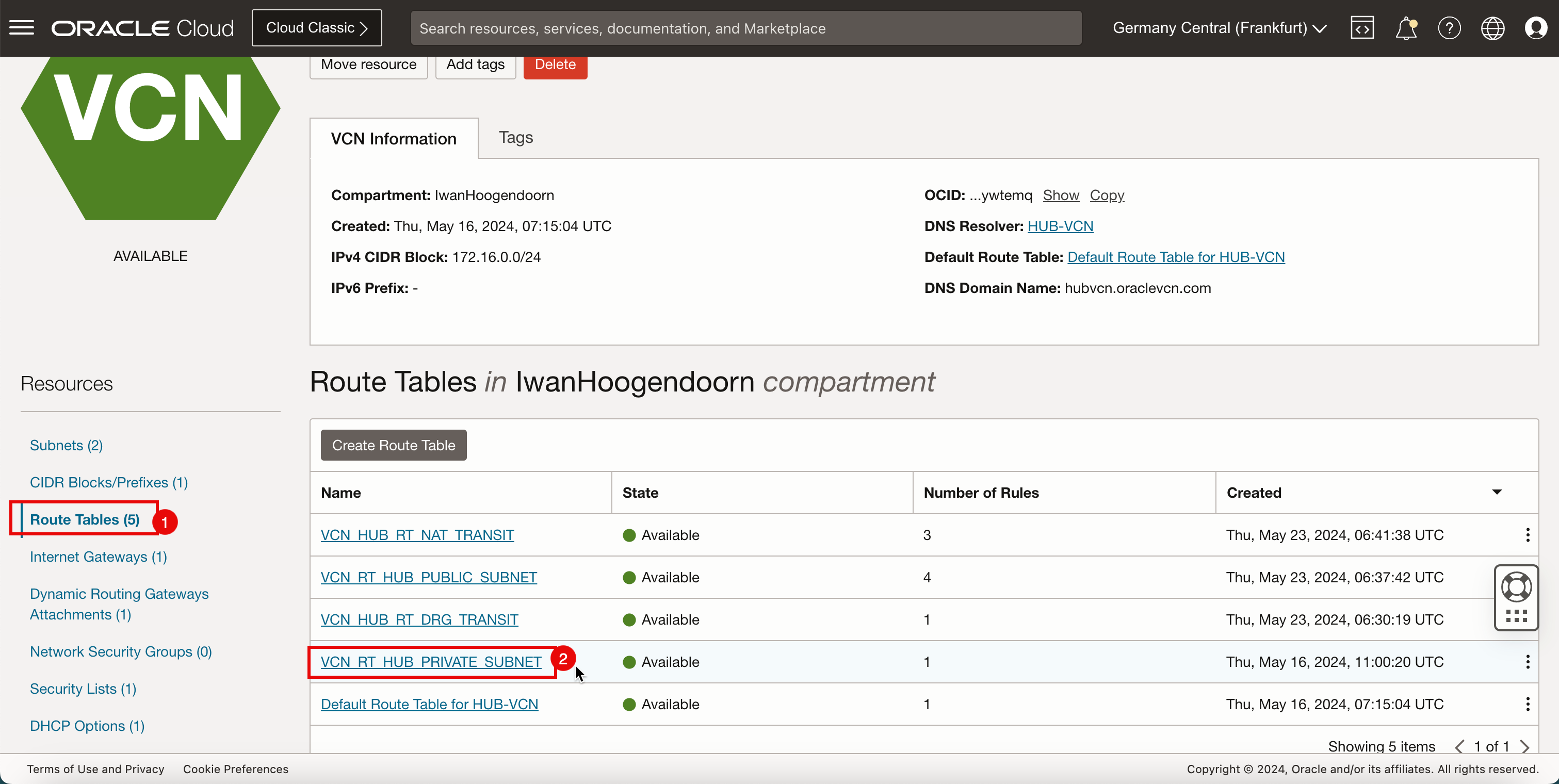

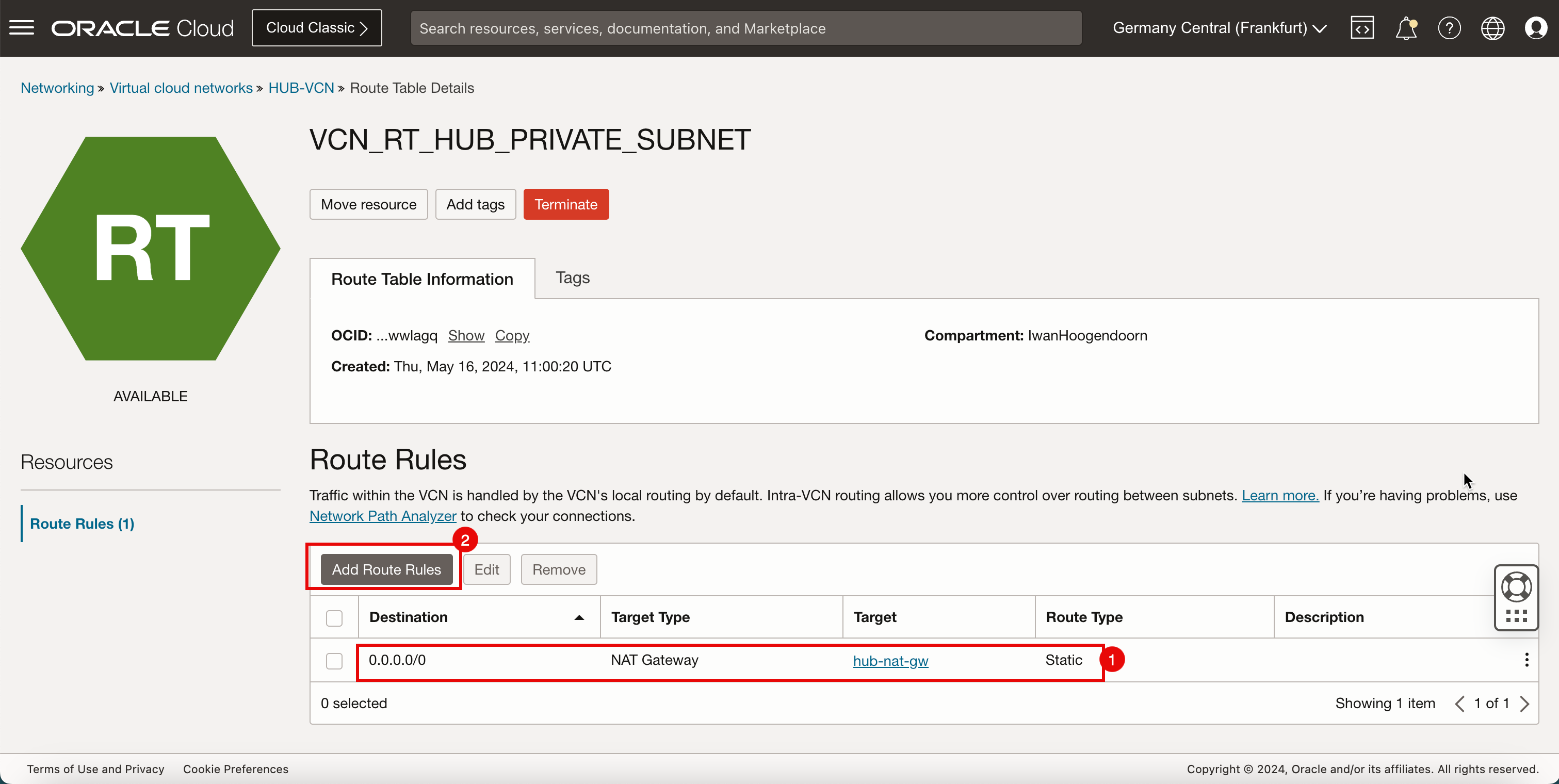

허브 VCN에서 경로 테이블(

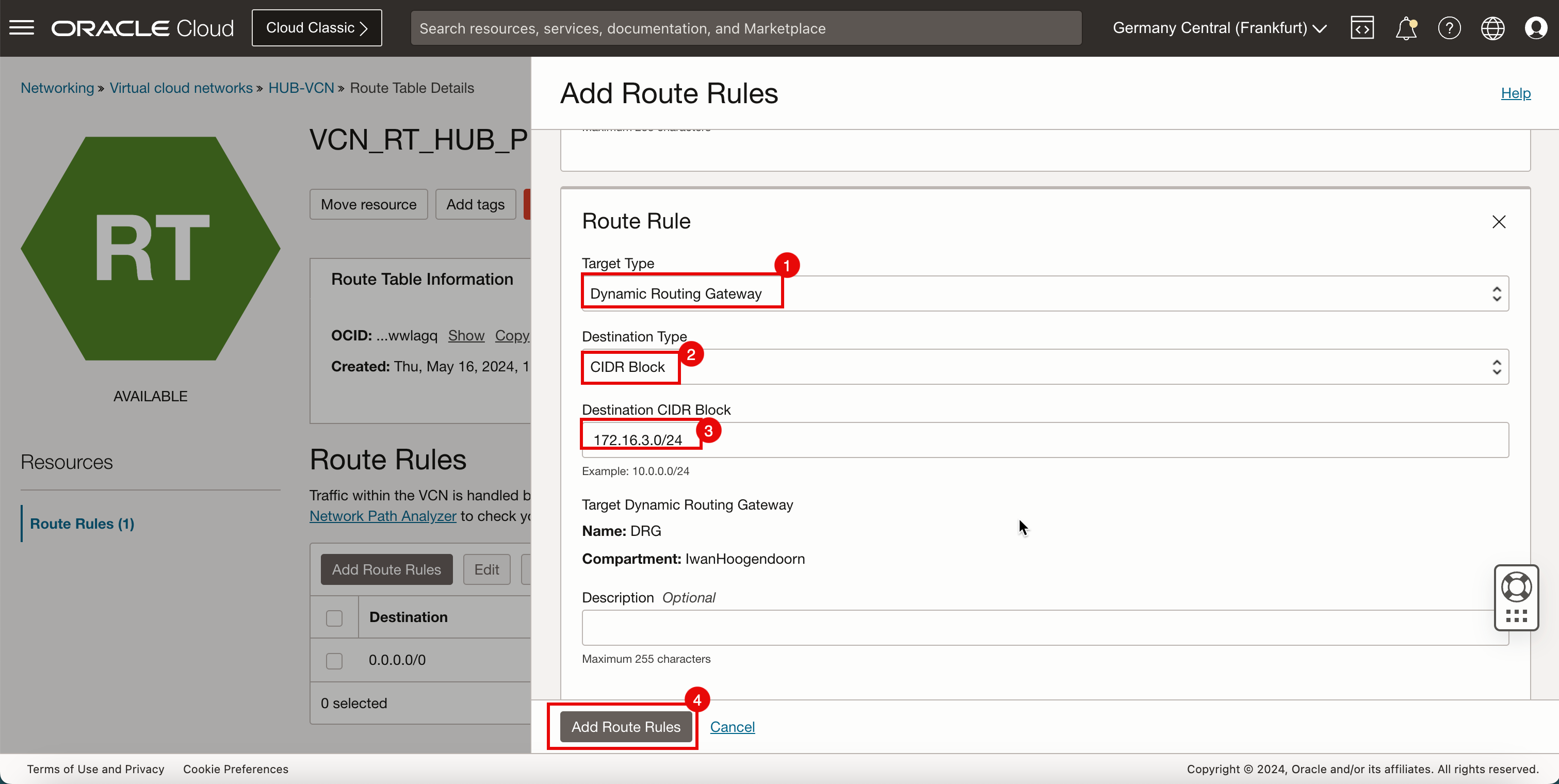

VCN_RT_HUB_PRIVATE_SUBNET)을 생성합니다.대상 대상 유형 Target 경로 유형 0.0.0.0/0 NAT 게이트웨이 허브-나트-GW 정적 172.16.1.0/24 동적 경로 게이트웨이 DRG 정적 172.16.2.0/24 동적 경로 게이트웨이 DRG 정적 172.16.3.0/24 동적 경로 게이트웨이 DRG 정적 - 경로 테이블을 누릅니다.

- 전용 서브넷의 경로 지정 테이블을 누릅니다. 이 테이블이 없으면 생성합니다. 경로 테이블을 생성하려면 경로 테이블 생성을 누릅니다.

- 모든 트래픽(

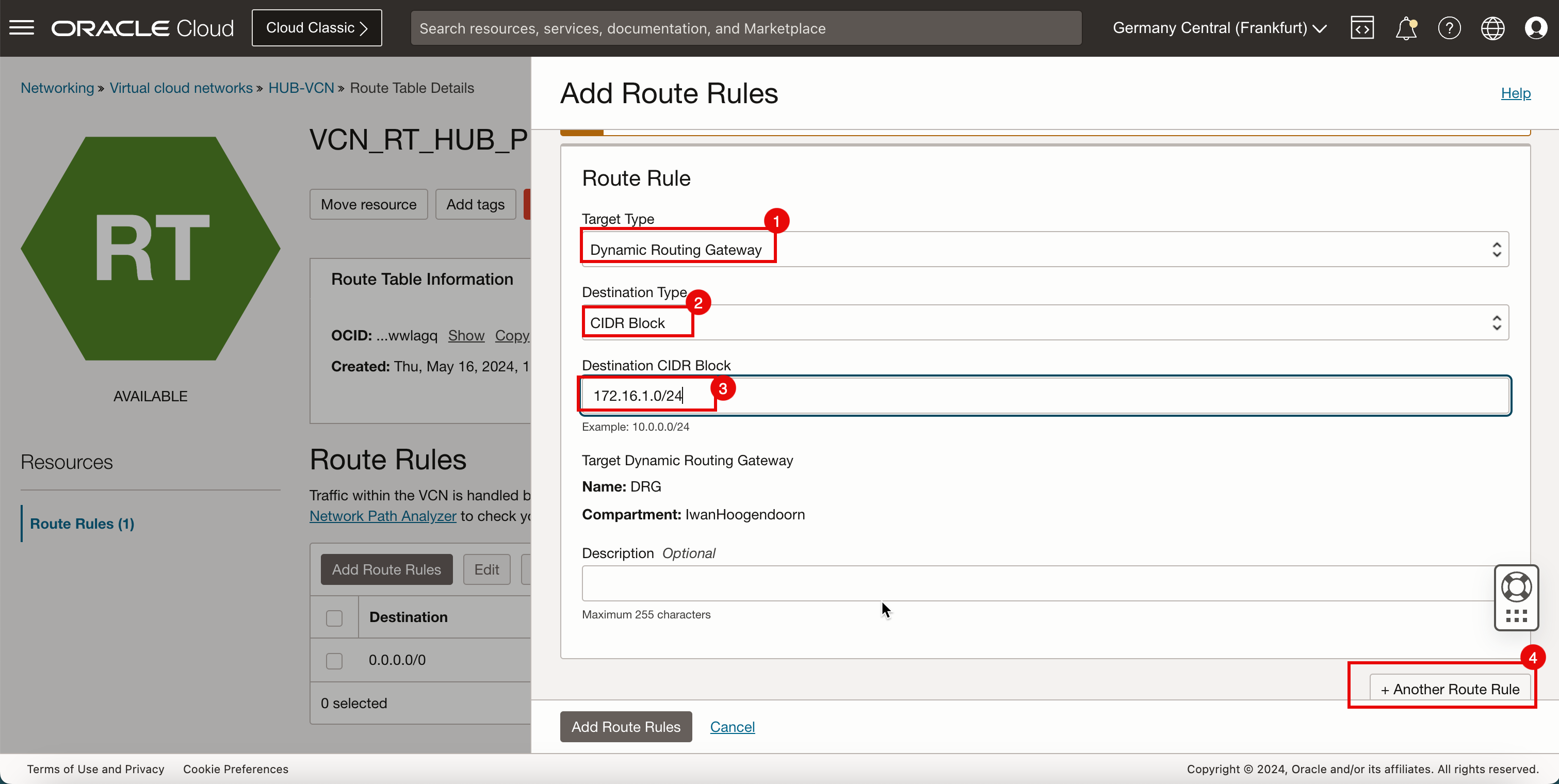

0.0.0.0/0)을 전용 서브넷 인스턴스의 NAT 게이트웨이로 라우팅하는 라우팅 규칙이 이미 하나 있습니다. - Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.1.0/24을 입력합니다. - + 다른 경로 규칙을 누릅니다.

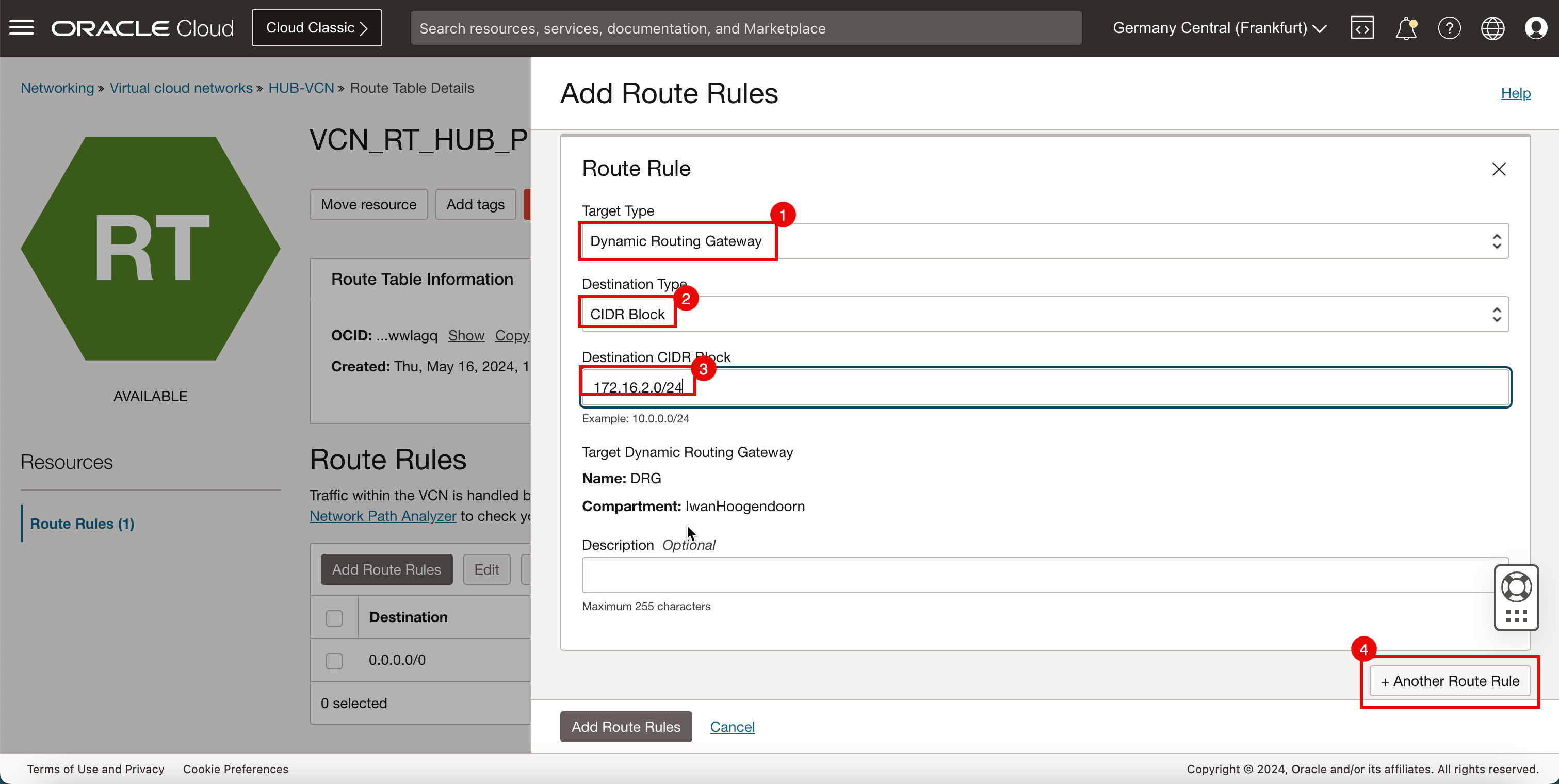

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.2.0/24을 입력합니다. - + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.3.0/24을 입력합니다. - Add Route Rules를 누릅니다.

-

전용 서브넷 경로 지정 테이블에 대한 모든 경로 규칙을 확인합니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

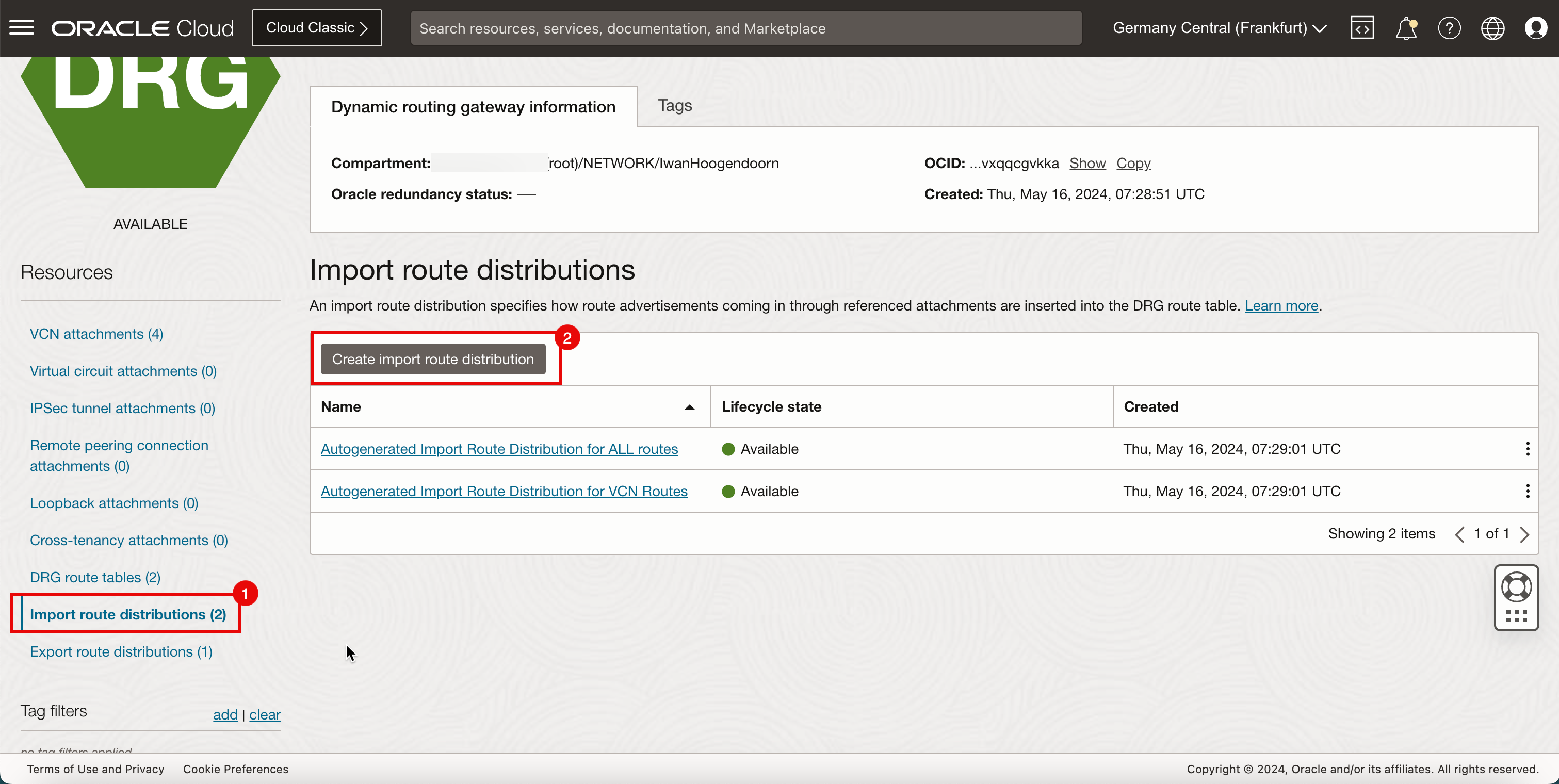

작업 7.4: DRG 경로 지정 테이블 생성 및 구성

-

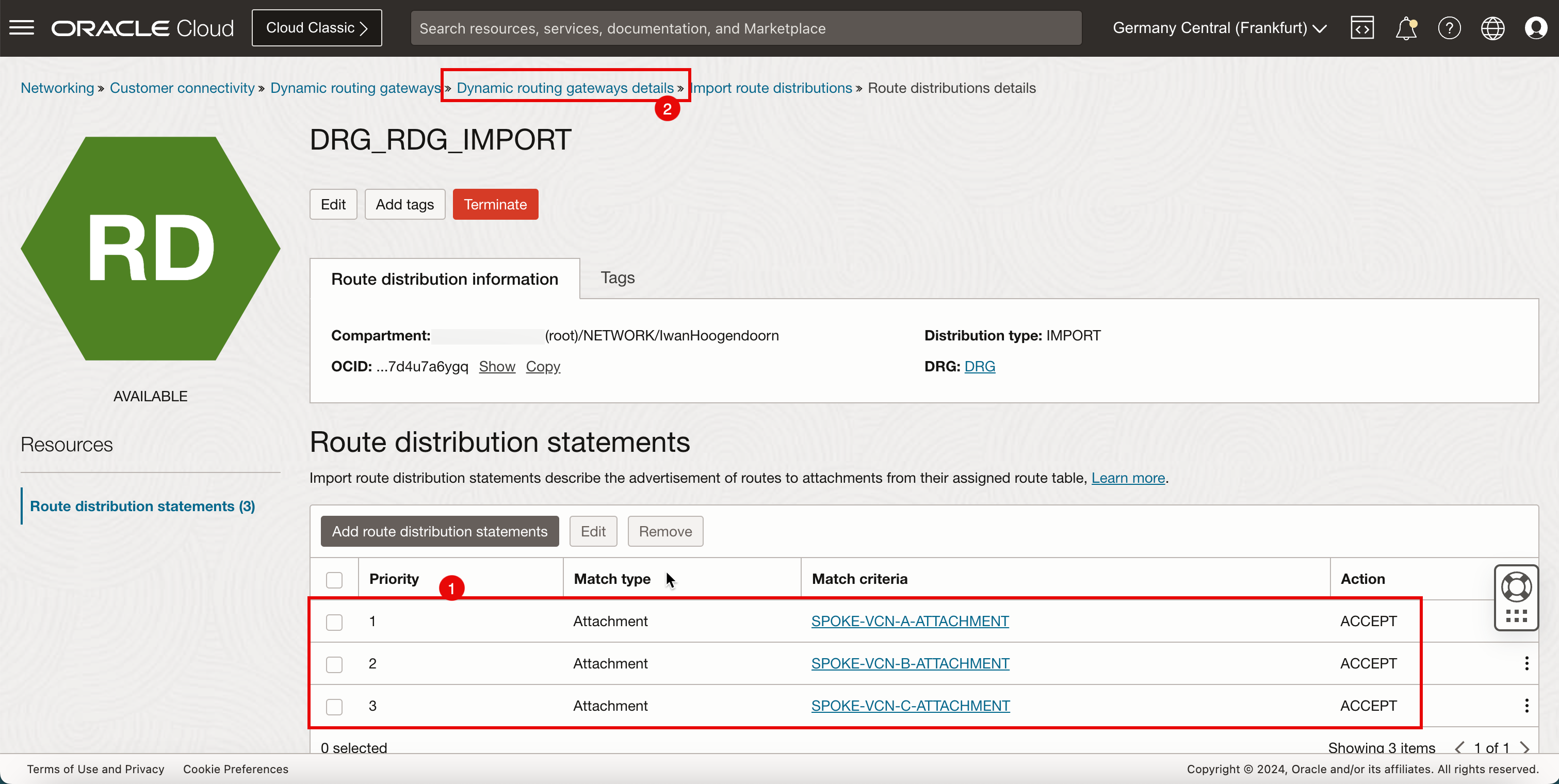

DRG에 경로 분포 그룹(

DRG_RDG_IMPORT)을 만듭니다.우선순위 일치 유형 일치 조건 작업 1 첨부파일 SPOKE_VCN-A 첨부 파일(_A) ACCEPT 2 첨부파일 SPOKE_VCN-B 첨부 파일(_A) ACCEPT 3 첨부파일 SPOKE_VCN-C 첨부 파일(_A) ACCEPT - 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 동적 경로 지정 게이트웨이를 누릅니다.

-

태스크 3에서 생성된 DRG를 누릅니다.

- 경로 분포 임포트를 누릅니다.

- 임포트 경로 분포 생성을 누릅니다.

-

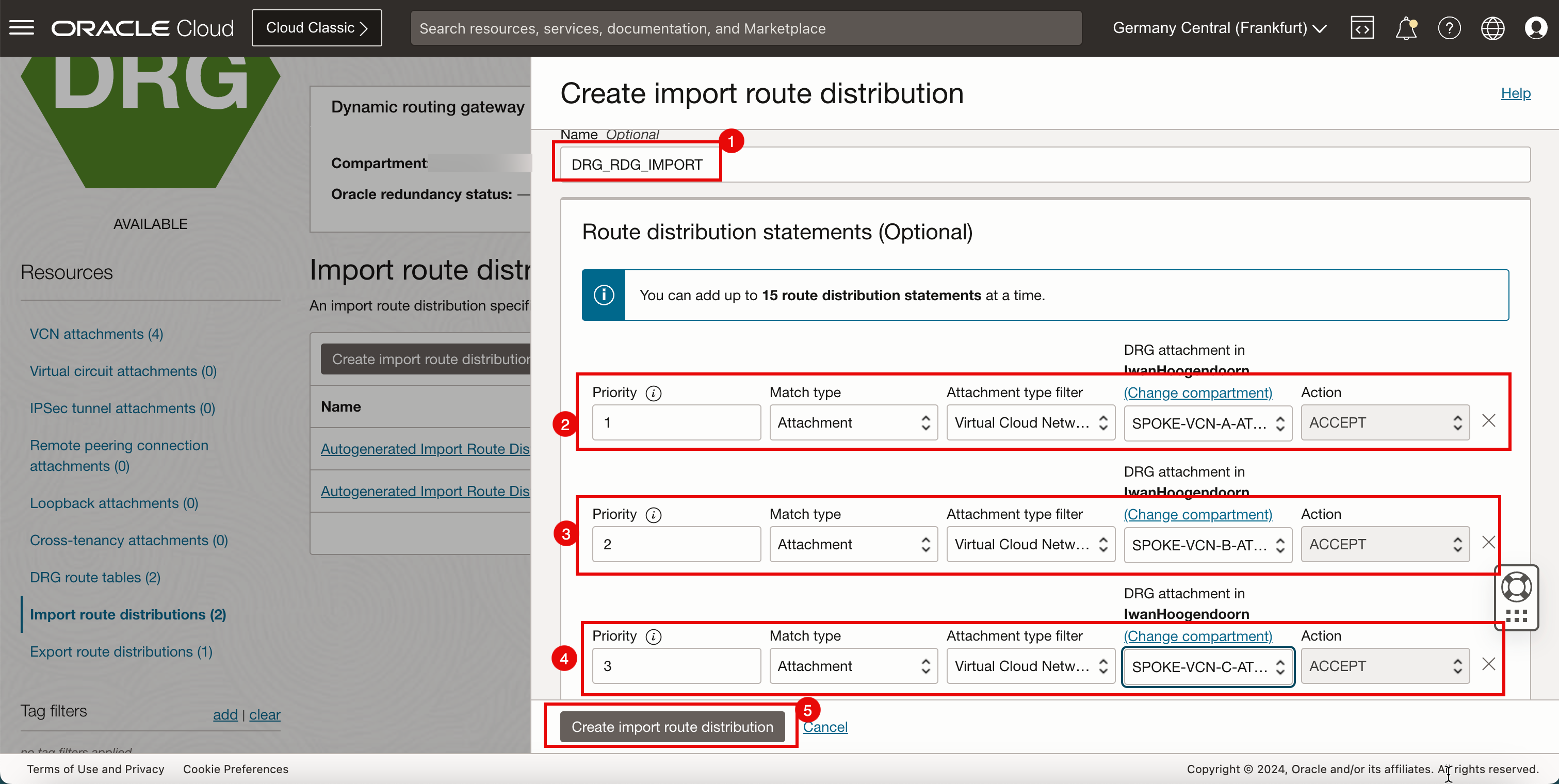

임포트 순로 분배 생성 페이지에서 다음 정보를 입력합니다.

- 경로 분포에 대한 이름을 입력합니다.

- 새 경로 분포 명령문을 생성합니다.

- 우선순위: 1을 입력합니다.

- 일치 유형: 첨부 파일을 선택합니다.

- 첨부 파일 유형 필터: 가상 클라우드 네트워크를 선택합니다.

- DRG 연결: 스포크 VCN A를 선택합니다.

- 작업: 수락을 선택합니다.

- 새 경로 분포 명령문 생성

- 우선순위: 2를 입력합니다.

- 일치 유형: 첨부 파일을 선택합니다.

- 첨부 파일 유형 필터: 가상 클라우드 네트워크를 선택합니다.

- DRG 연결: 스포크 VCN B를 선택합니다.

- 작업: 수락을 선택합니다.

- 새 경로 분포 명령문 생성

- 우선순위: 3을 입력합니다.

- 일치 유형: 첨부 파일을 선택합니다.

- 첨부 파일 유형 필터: 가상 클라우드 네트워크를 선택합니다.

- DRG 연결: 스포크 VCN C를 선택합니다.

- 작업: 수락을 선택합니다.

- 임포트 경로 분포 생성을 누릅니다.

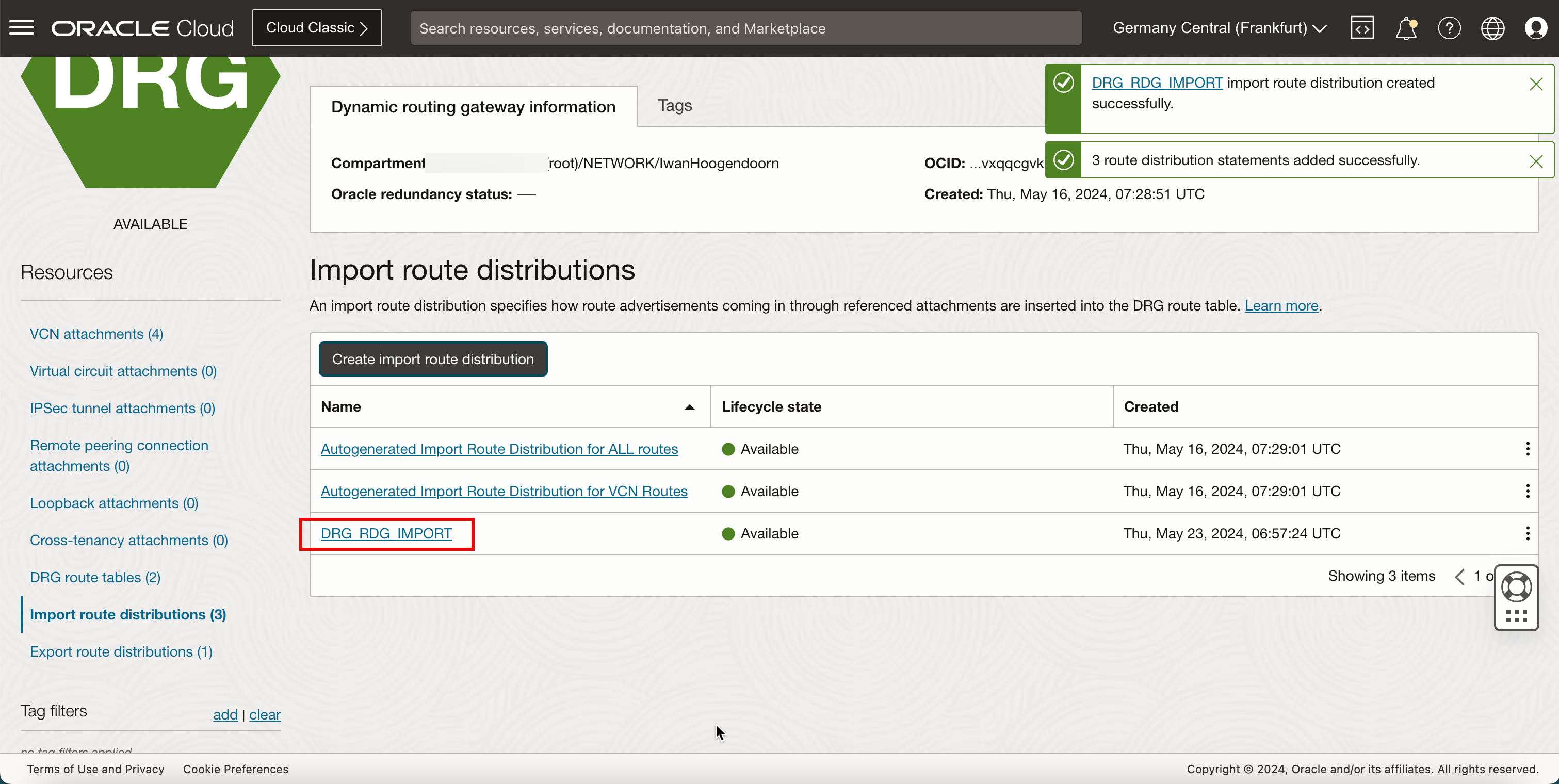

-

새 임포트 경로 분포를 누릅니다.

- 경로 분포 문을 확인합니다.

- 동적 경로 지정 게이트웨이 세부정보를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

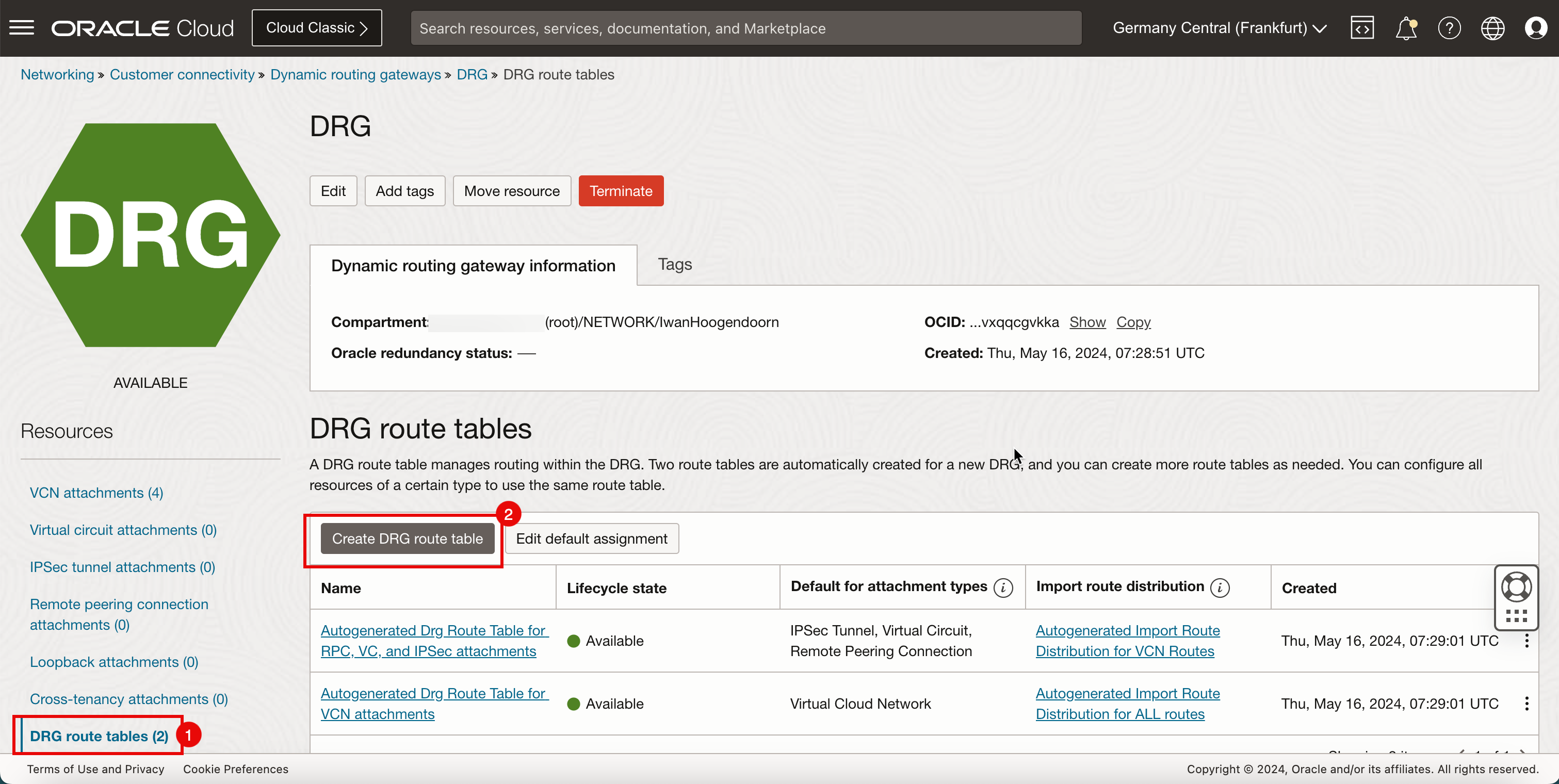

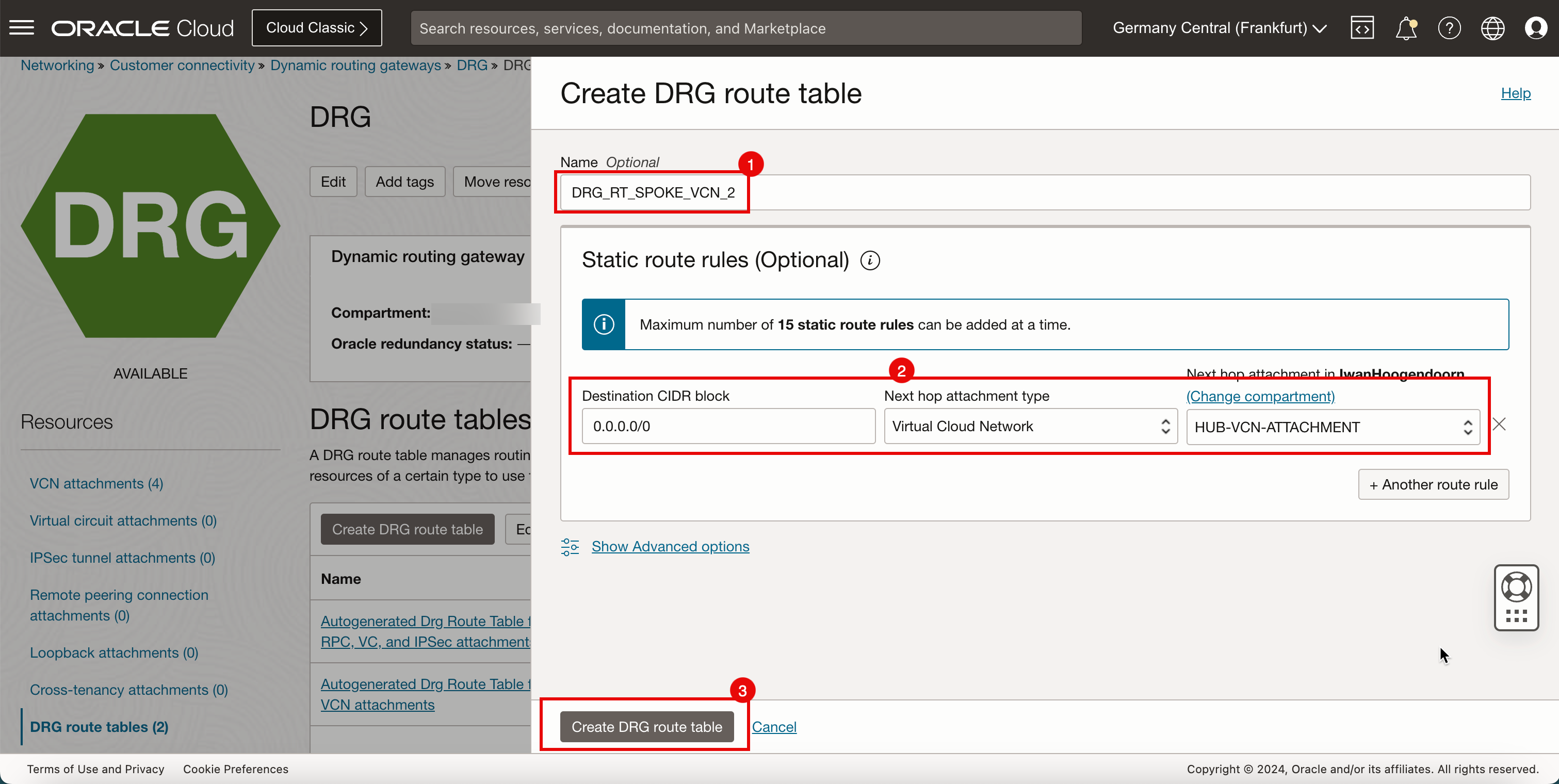

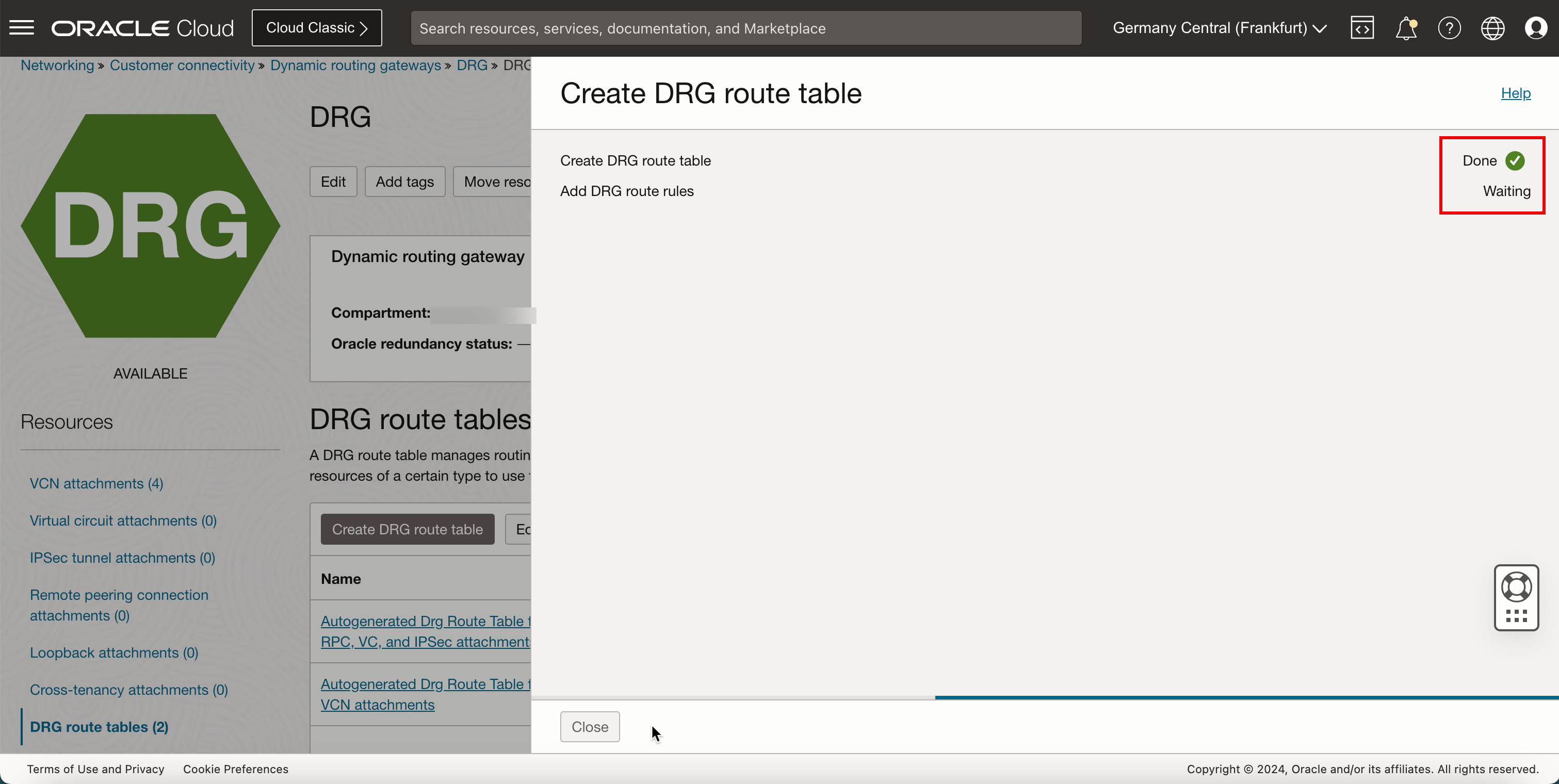

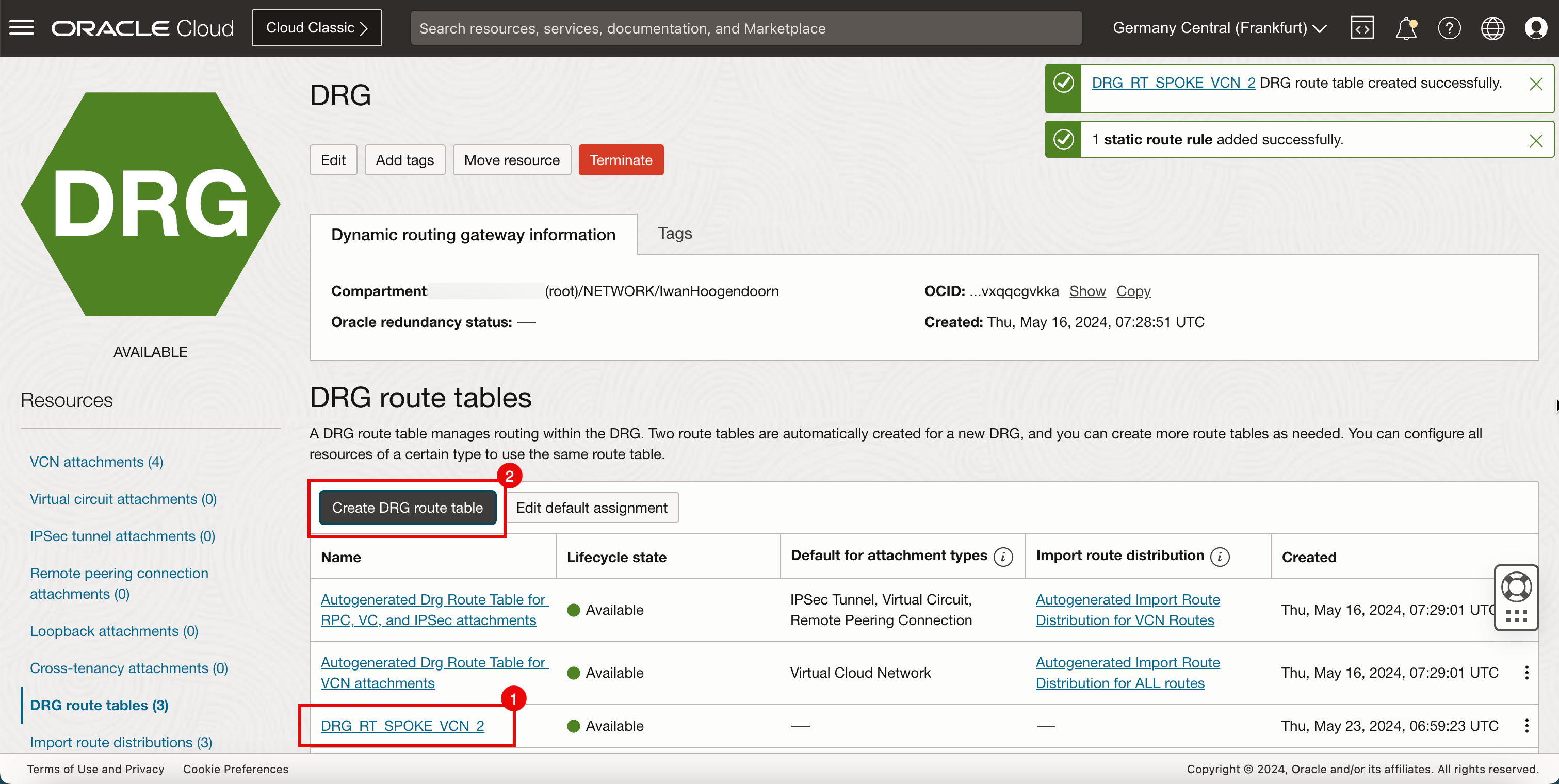

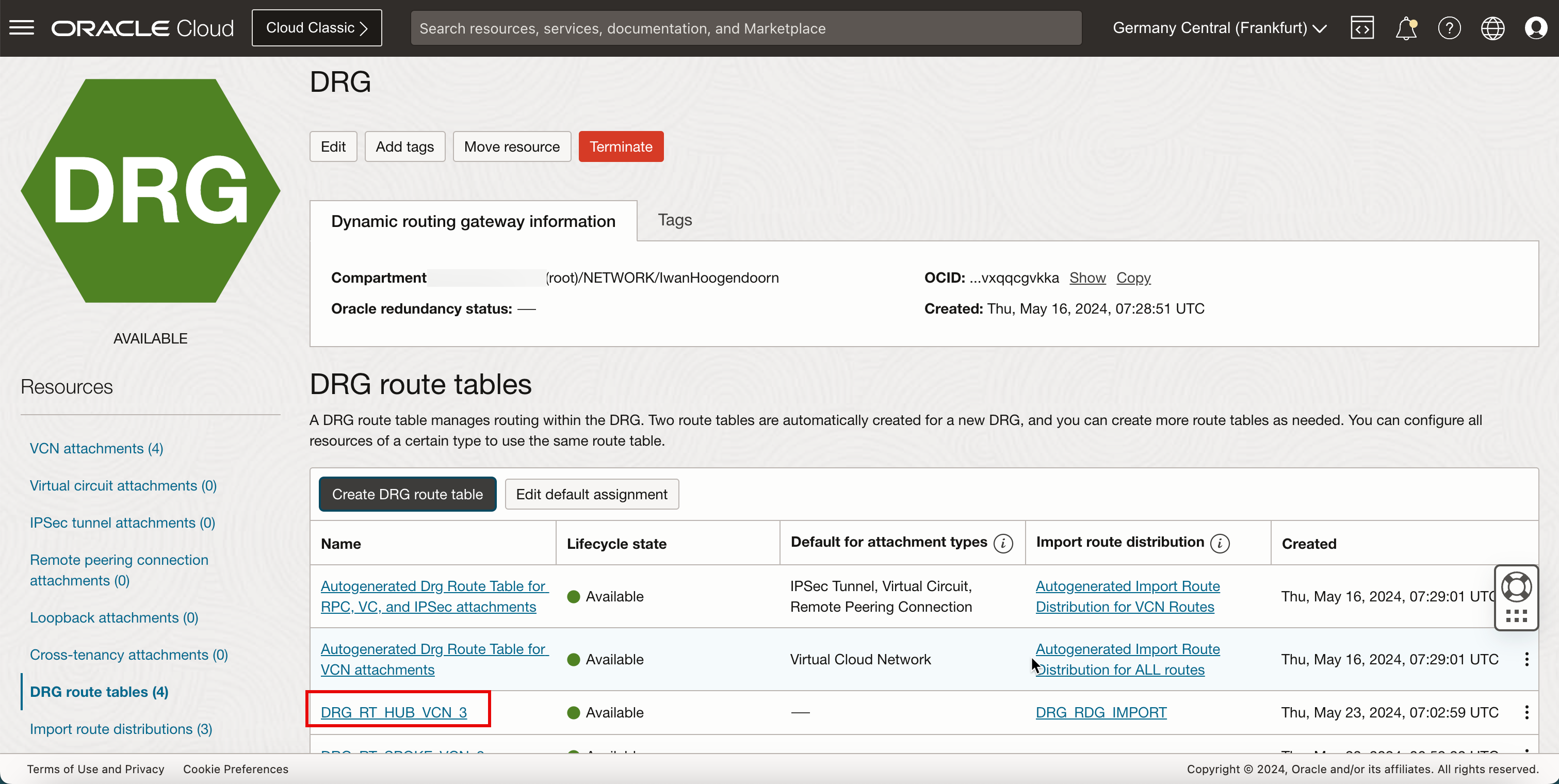

DRG에 경로 테이블(

DRG_RT_SPOKE_VCN_2)을 만듭니다.대상 CIDR 다음 홉 연결 유형 다음 홉 연결 이름 0.0.0.0/0 가상 클라우드 네트워크 HUB_VCN_ATTACHMENT - DRG 경로 테이블을 누릅니다.

- DRG 경로 테이블 생성을 누릅니다.

- DRG 경로 테이블의 이름을 입력합니다.

- 새 정적 규칙 추가:

- 대상 CIDR 블록:

0.0.0.0/0을 입력합니다. - 다음 홉 연결 유형: 가상 클라우드 네트워크를 선택합니다.

- 다음 홉 연결: hub VCN을 선택합니다.

- 대상 CIDR 블록:

- DRG 경로 테이블 생성을 누릅니다.

-

경로 테이블이 생성될 때까지 기다립니다.

- 새 DRG 경로 테이블이 생성되었음을 알 수 있습니다.

- DRG 경로 테이블 생성을 눌러 다른 DRG 경로 테이블을 생성합니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

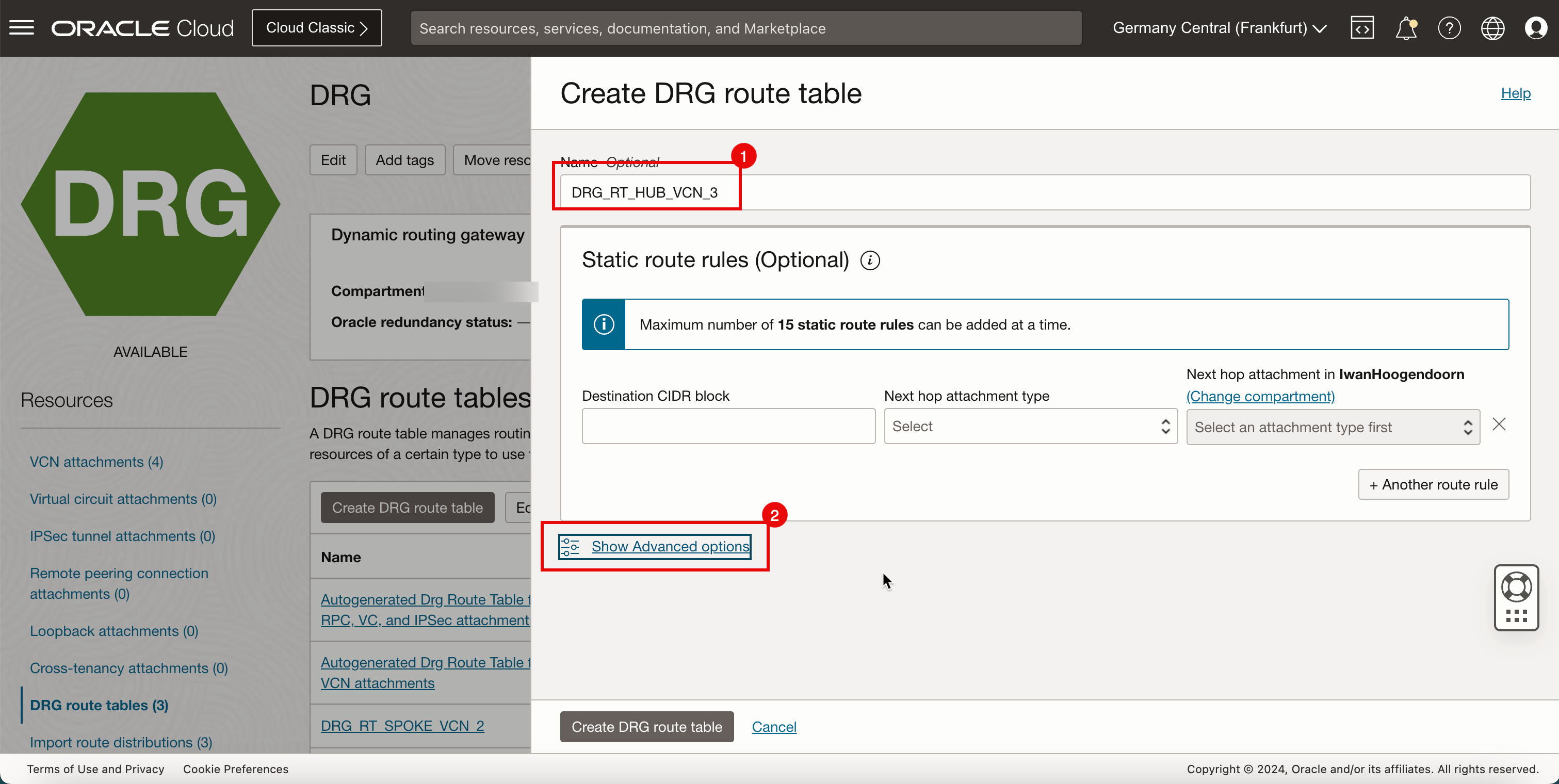

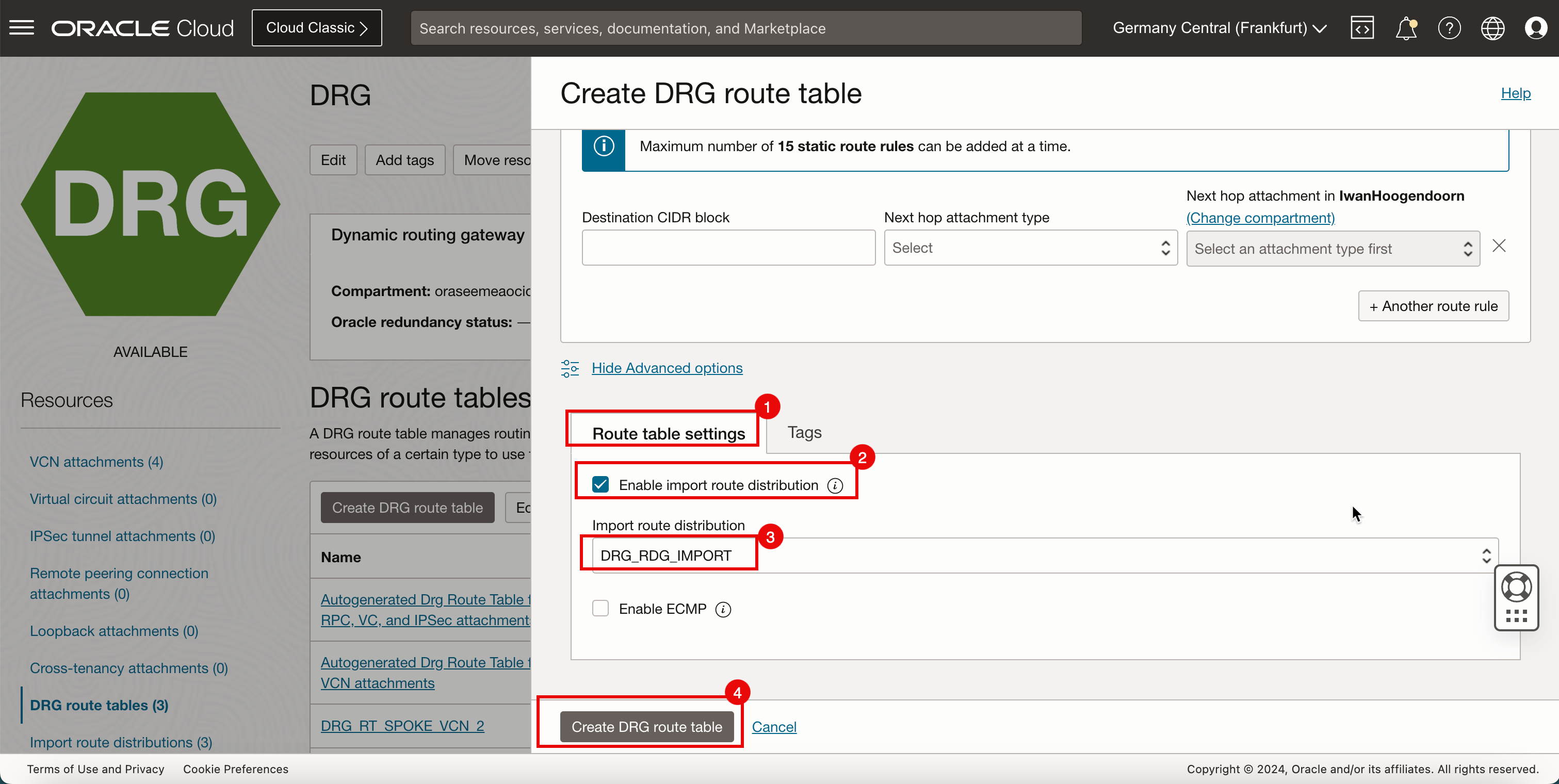

DRG에서 경로 테이블(

DRG_RT_HUB_VCN_3)을 생성하고 경로 분포 그룹(DRG_RDG_IMPORT)을 임포트합니다.- DRG 경로 테이블의 이름을 입력합니다.

- 고급 옵션 표시를 누릅니다.

-

이전에 생성된 임포트 경로 분포를 임포트합니다.

- 테이블 설정 경로 지정을 누릅니다.

- 임포트 경로 분포 사용을 선택합니다.

- 이전에 생성된 임포트 경로 분포를 선택합니다.

- DRG 경로 테이블 생성을 누릅니다.

- 새 DRG 경로 테이블이 생성됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 7.5: 경로 테이블 연결

경로 테이블을 생성했으므로 이제 DRG, VCN, 서브넷 및 게이트웨이에 경로 테이블을 연결해야 합니다.

주: 이 경우 경로 지정이 활성화되므로 운용 환경에서 구현하거나 변경하기 전에 먼저 테스트하고 적절하게 테스트해야 하는 신중한 프로세스입니다.

DRG 경로 테이블 연결:

먼저 DRG 경로 지정 테이블을 연결해 보겠습니다.

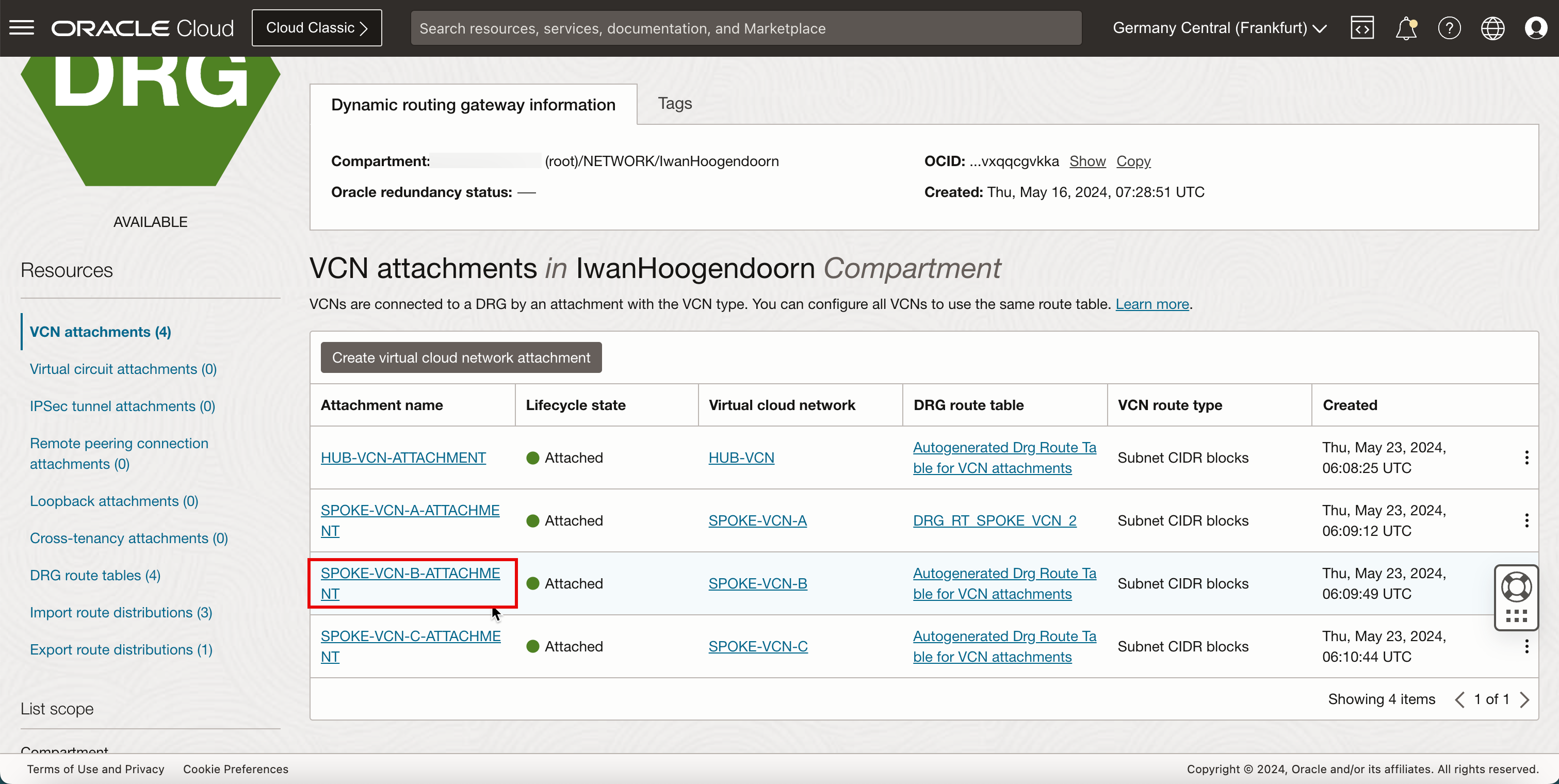

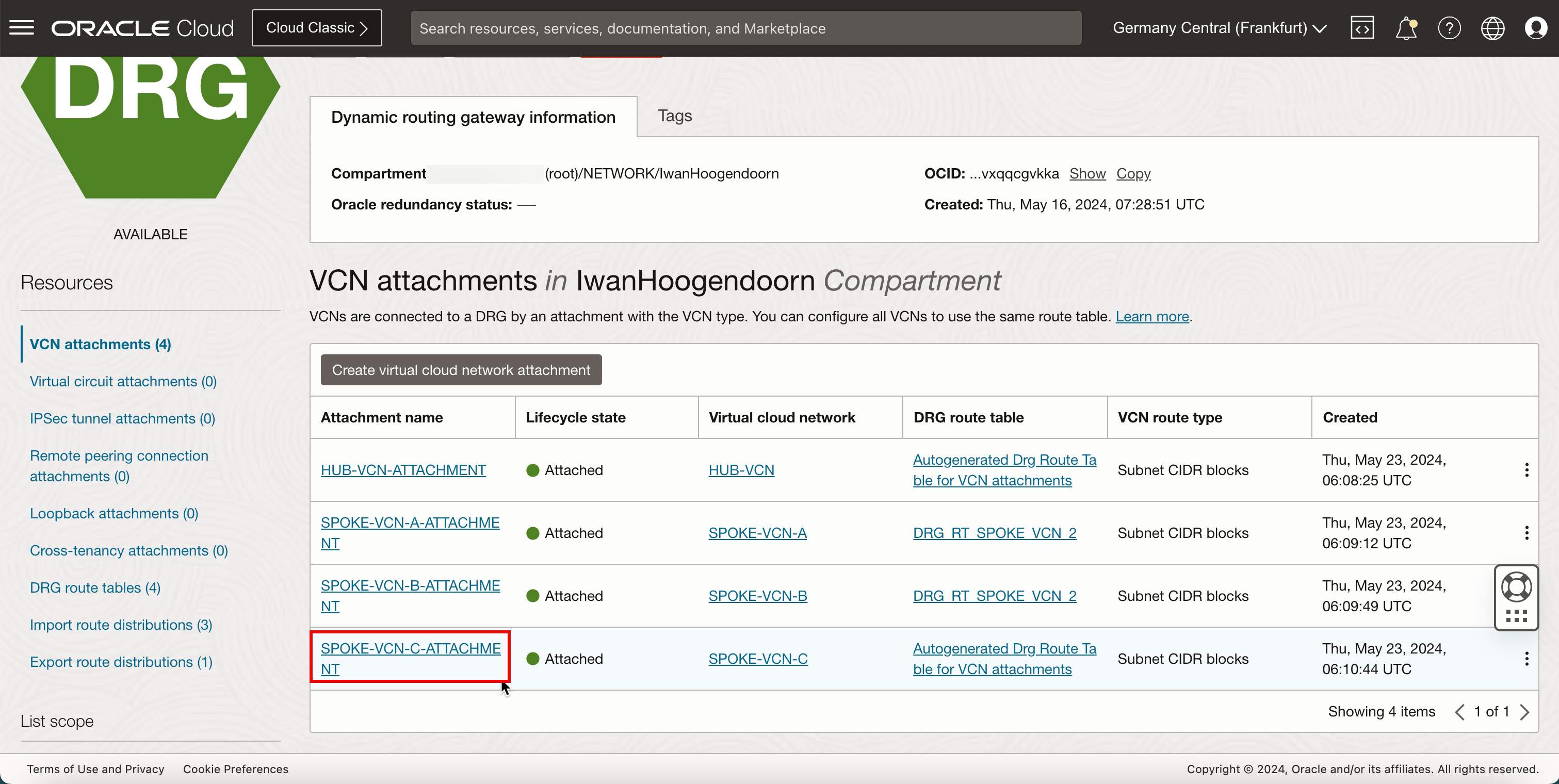

스포크 VCN 연결에 DRG 라우팅 테이블 연결

라우팅 정보: (DRG_RT_SPOKE_VCN_2) 이 DRG 라우트 테이블 및 라우트 테이블 연결은 스포크 VCN에서 오는 모든 트래픽이 이제 허브 VCN으로 라우팅되는지 확인합니다.

먼저 ()DRG_RT_SPOKE_VCN_2) DRG 라우팅 테이블을 모든 스포크 VCN 연결에 연결합니다.

-

DRG 페이지로 이동합니다. 네트워킹, 동적 경로 지정 게이트웨이를 누르고 이전에 생성된 DRG를 선택합니다.

- VCN 연결을 누릅니다.

- 스포크 A에 대한 VCN 연결을 누릅니다.

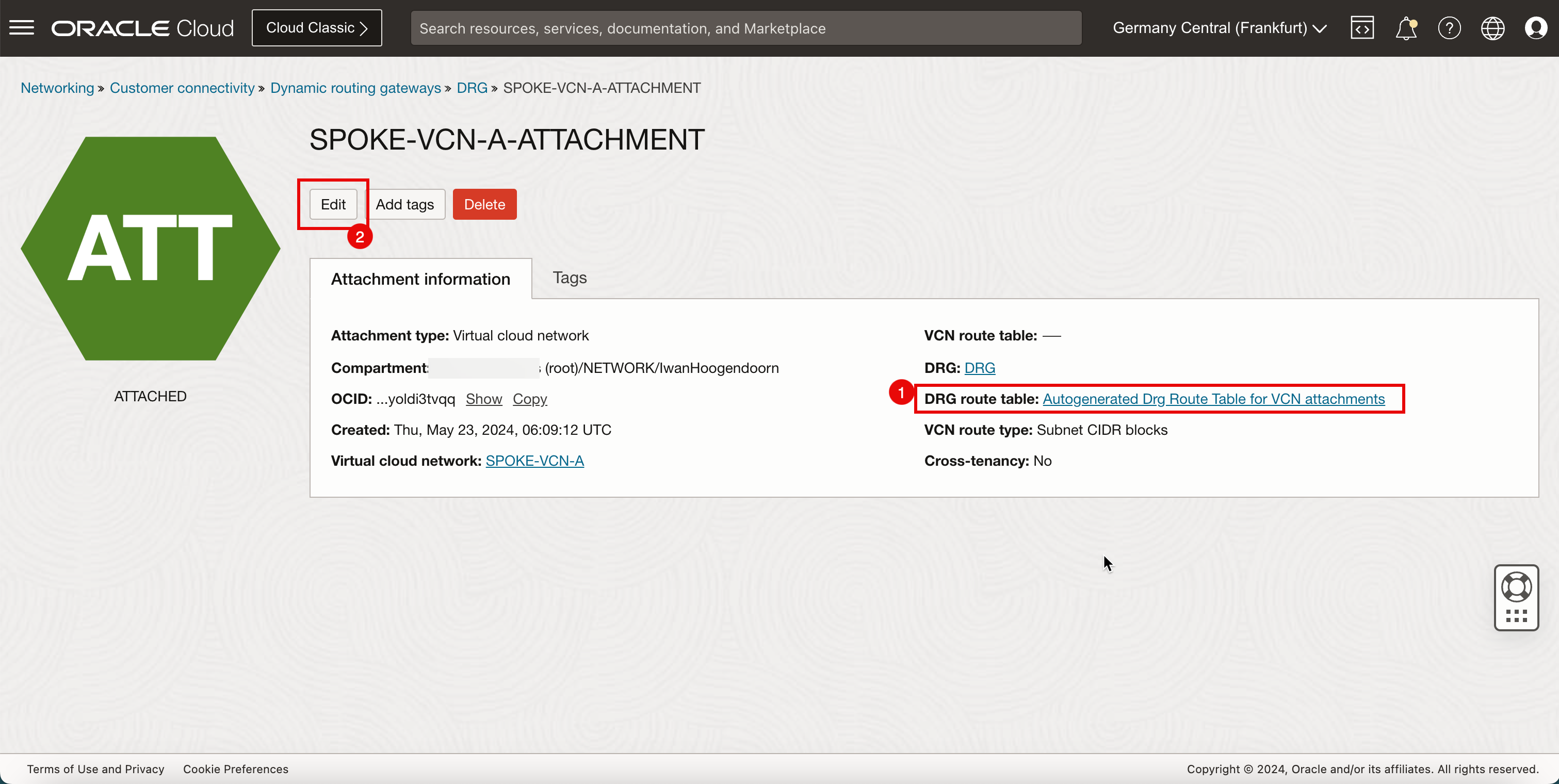

- 스포크 A에 대한 VCN 연결에는 자동 생성된 DRG 테이블이 연관되어 있습니다. 이를 변경해야 합니다.

- 편집을 누릅니다.

-

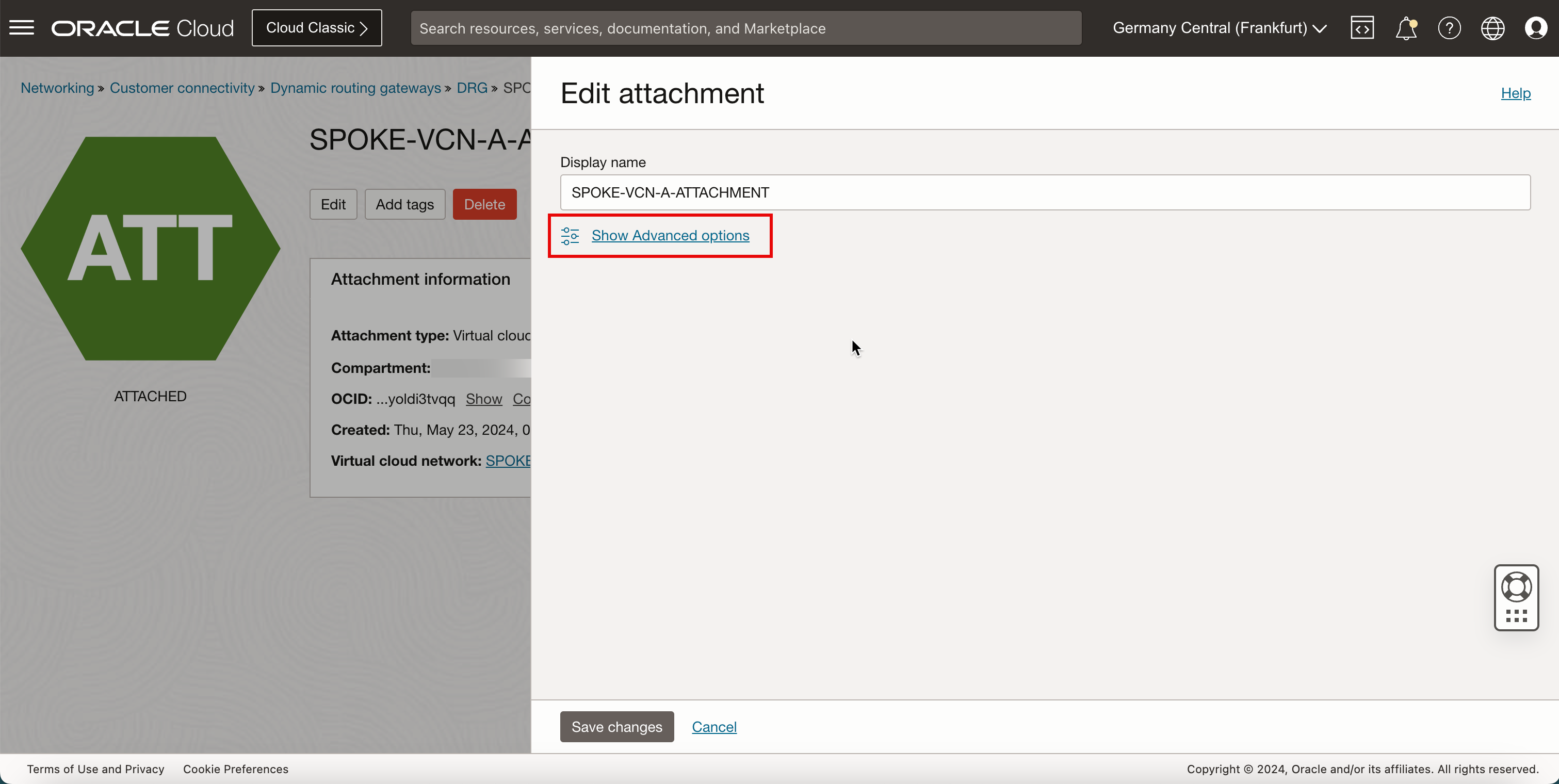

고급 옵션 표시를 누릅니다.

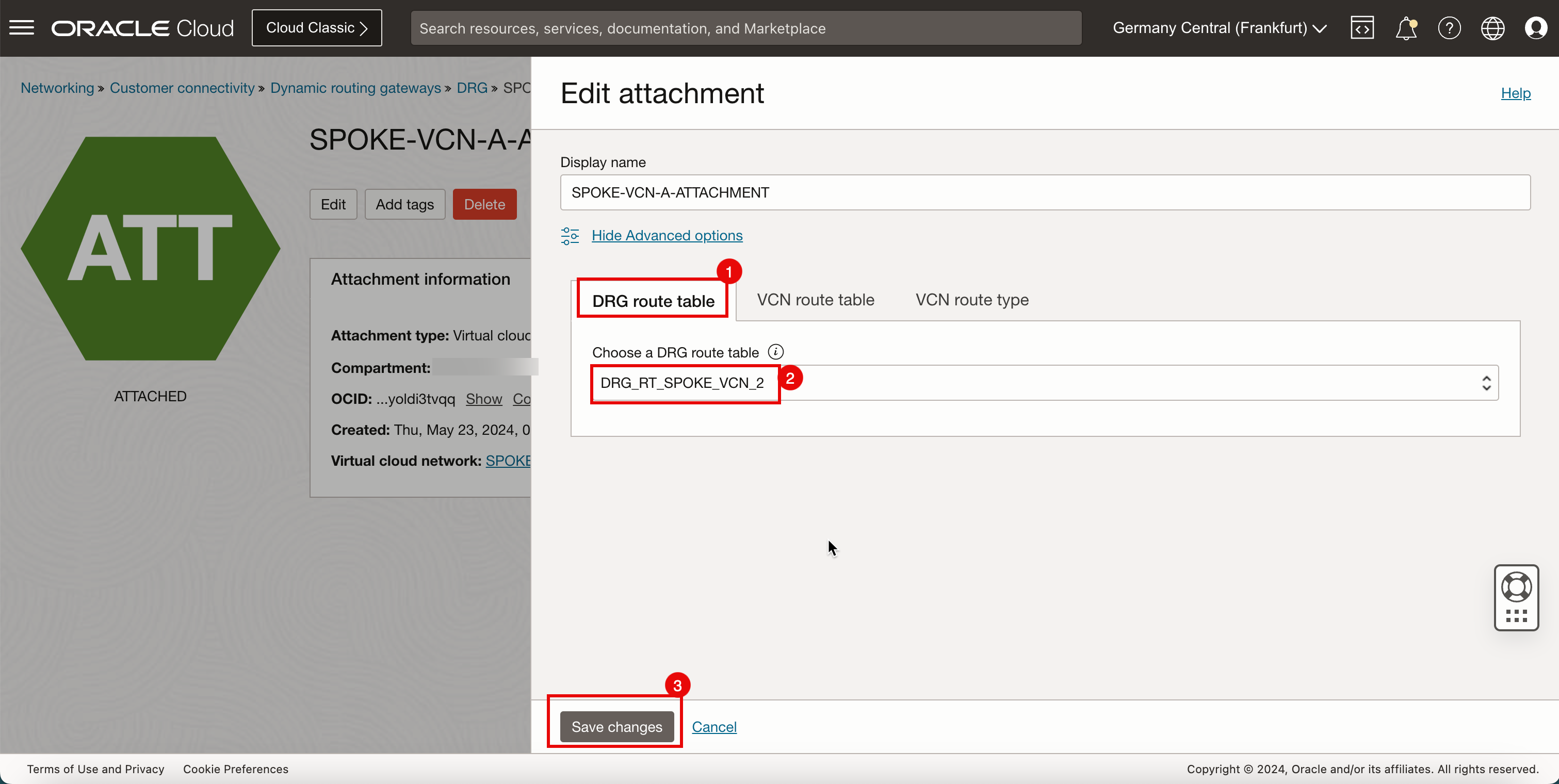

- DRG 경로 테이블을 선택합니다.

- 이전에 생성한 DRG 경로 테이블(

DRG_RT_SPOKE_VCN_2)을 선택합니다. - 변경 사항 저장을 누릅니다.

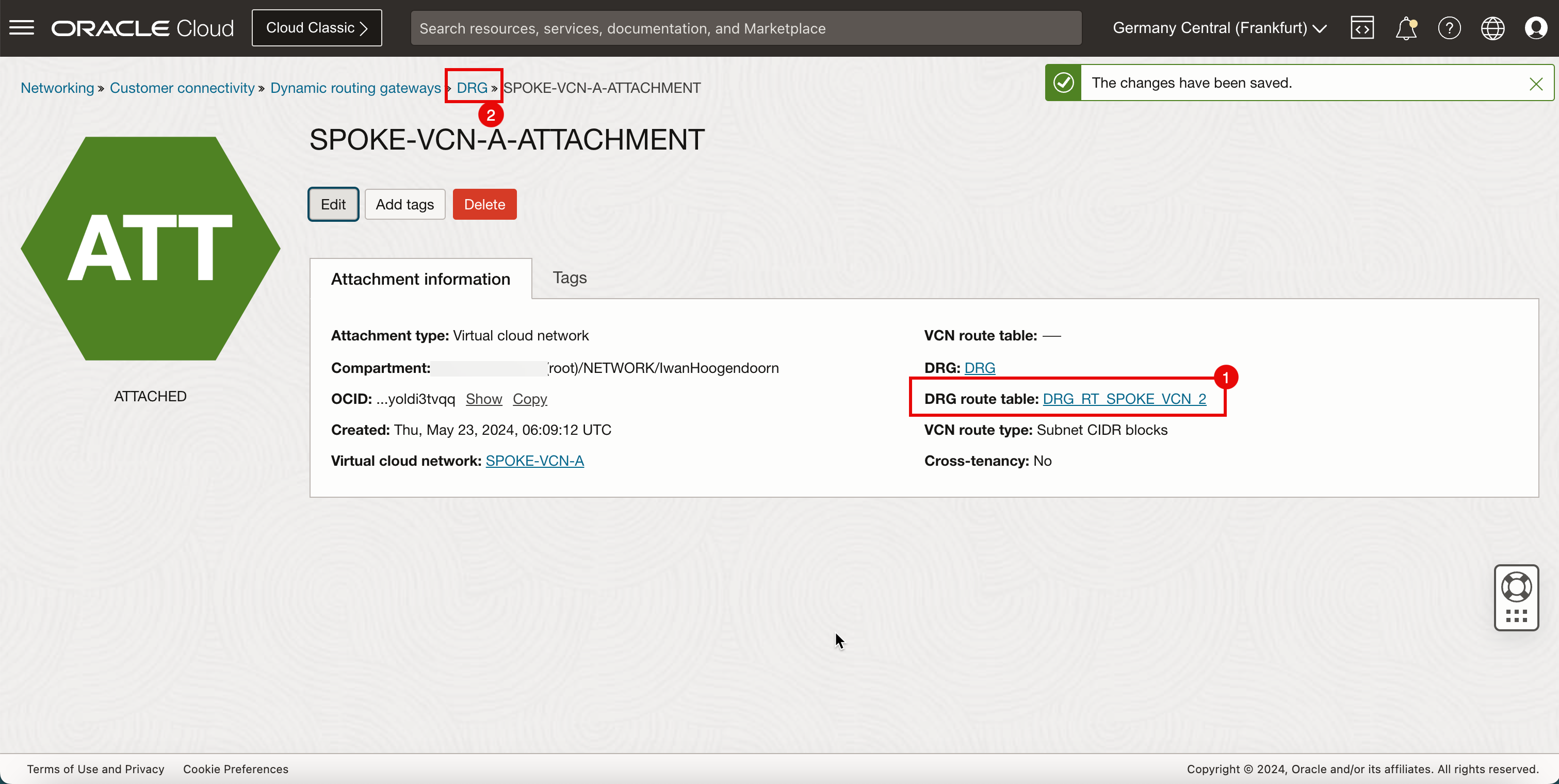

- 새 DRG 경로 테이블은 스포크 A VCN 연결에서 활성 상태입니다.

- DRG를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

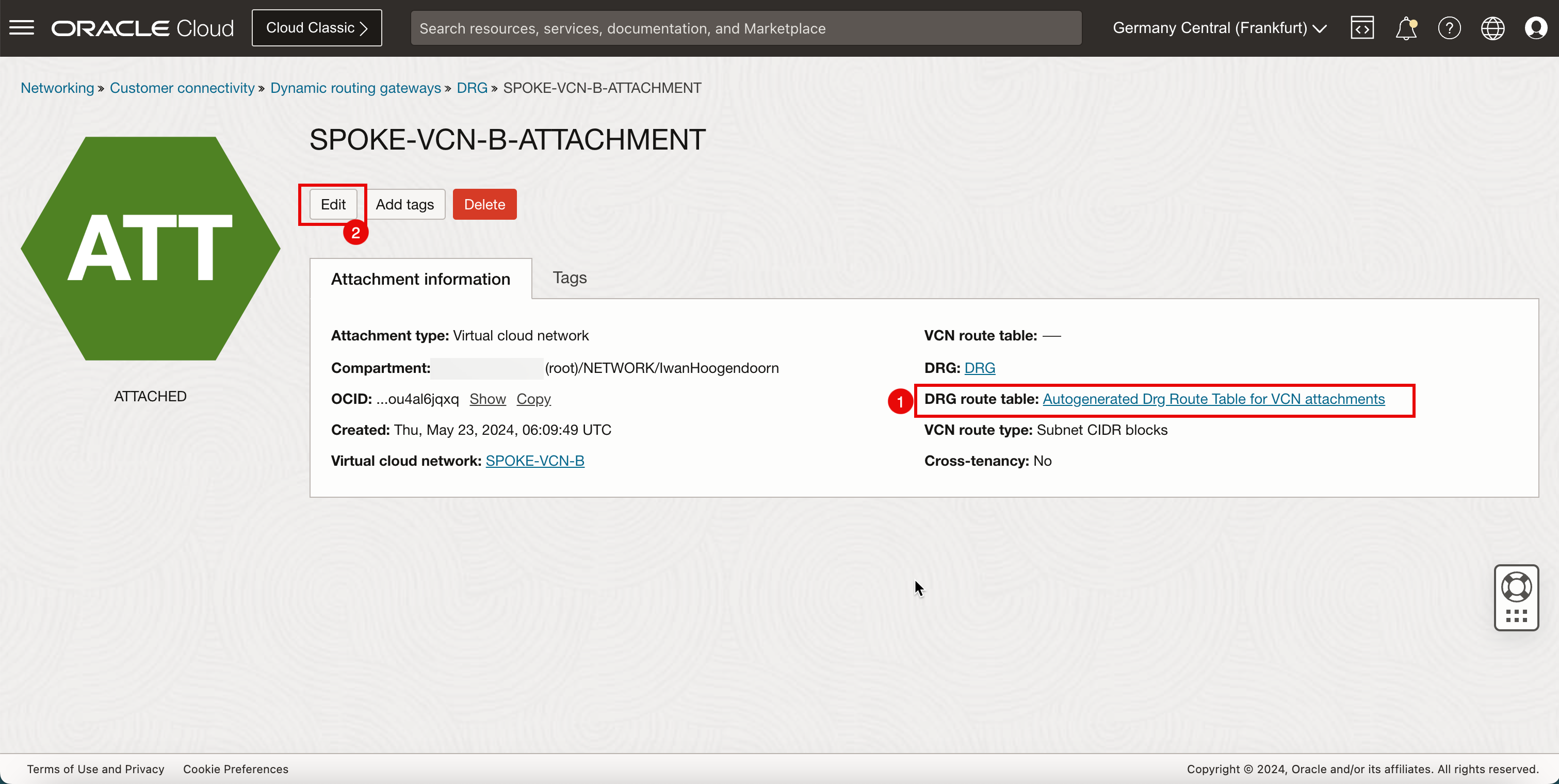

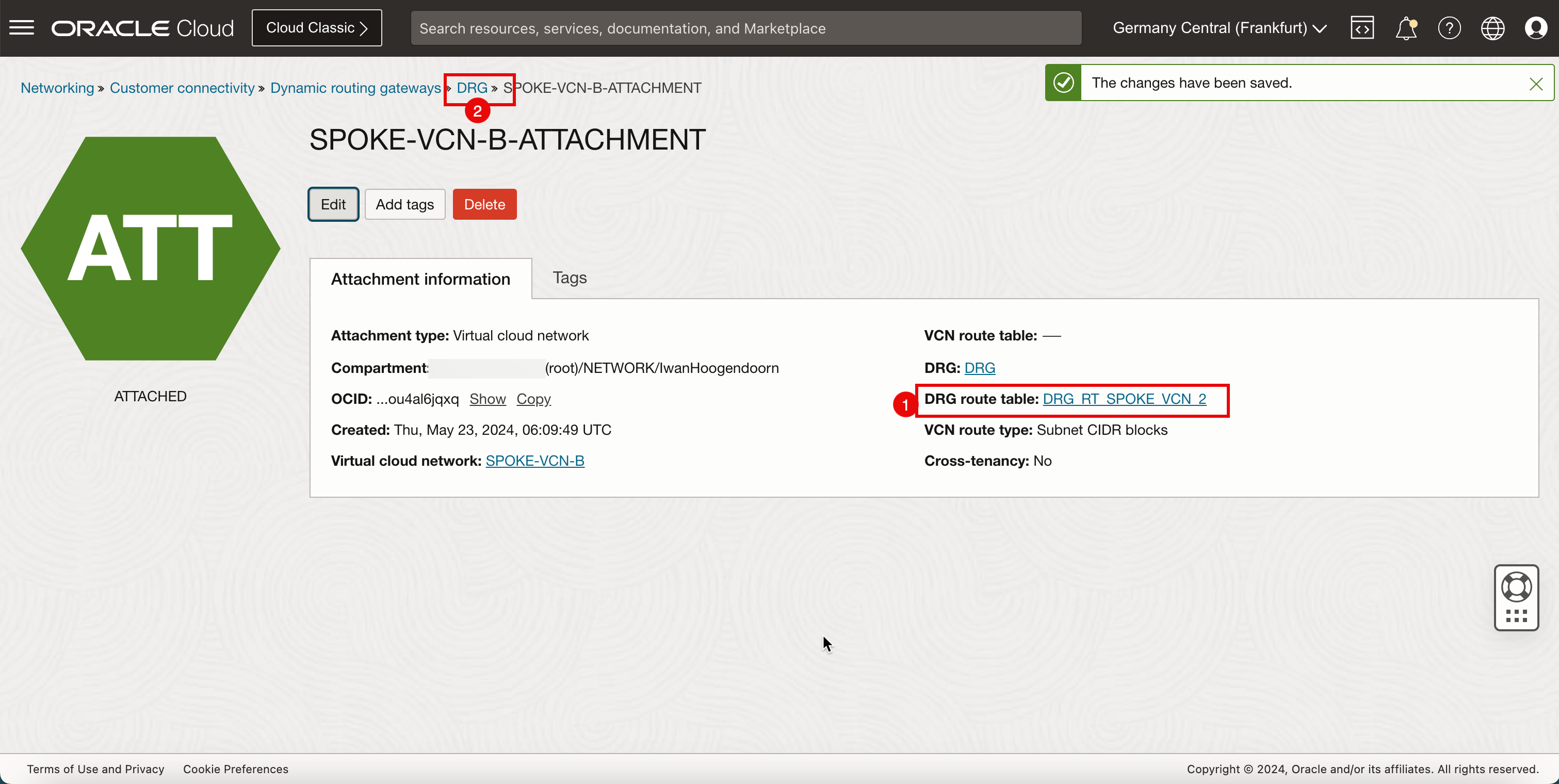

스포크 B에 대한 VCN 연결을 누릅니다.

- 스포크 B에 대한 VCN 연결에는 자동 생성된 DRG 테이블이 연관되어 있습니다. 이를 변경해야 합니다.

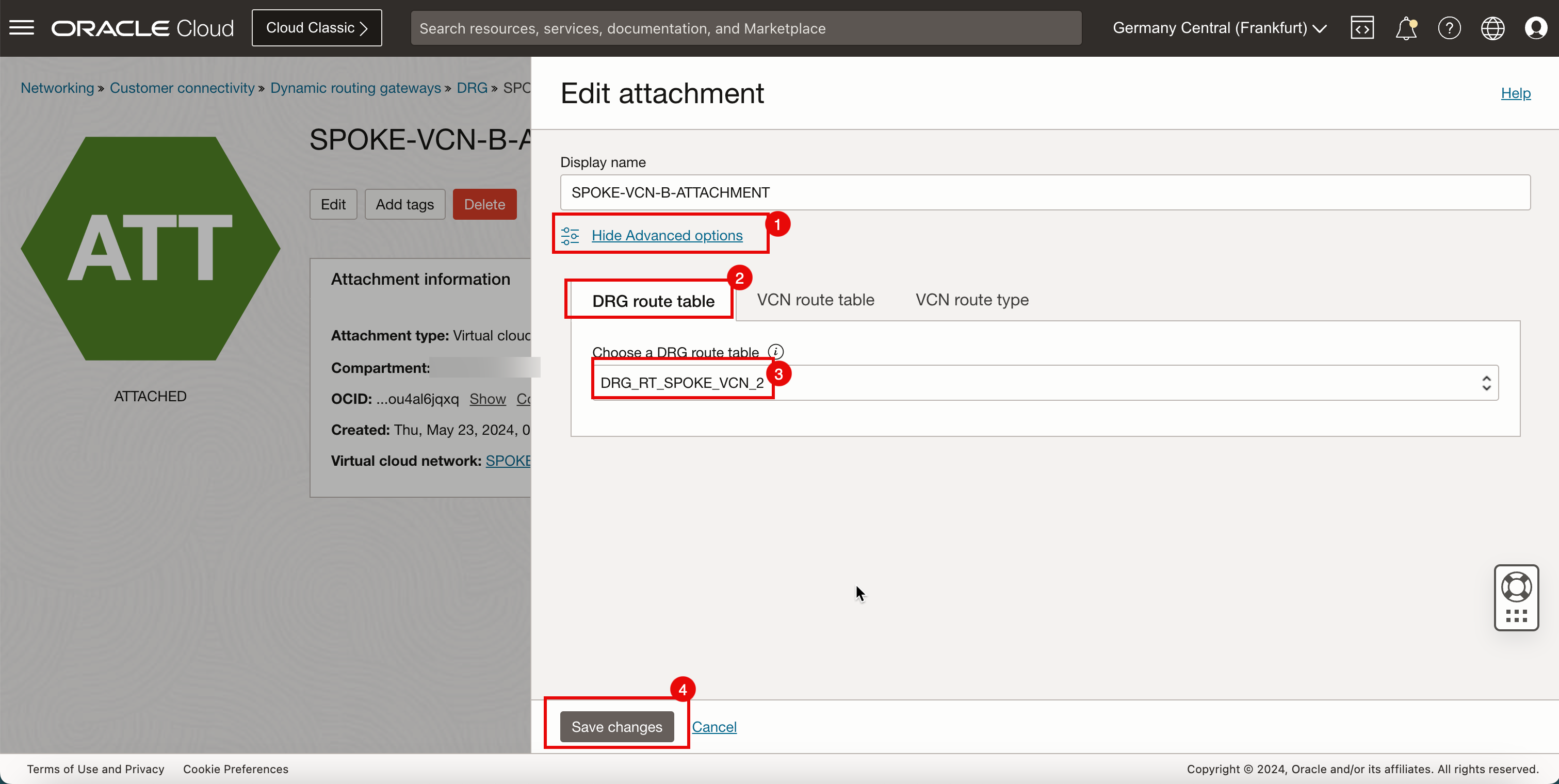

- 편집을 누릅니다.

- 고급 옵션 표시를 누릅니다.

- DRG 경로 테이블 탭을 선택합니다.

- 이전에 생성한 DRG 경로 테이블(

DRG_RT_SPOKE_VCN_2)을 선택합니다. - 변경 사항 저장을 누릅니다.

- 새 DRG 경로 테이블은 스포크 B VCN 연결에서 활성 상태입니다.

- DRG를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

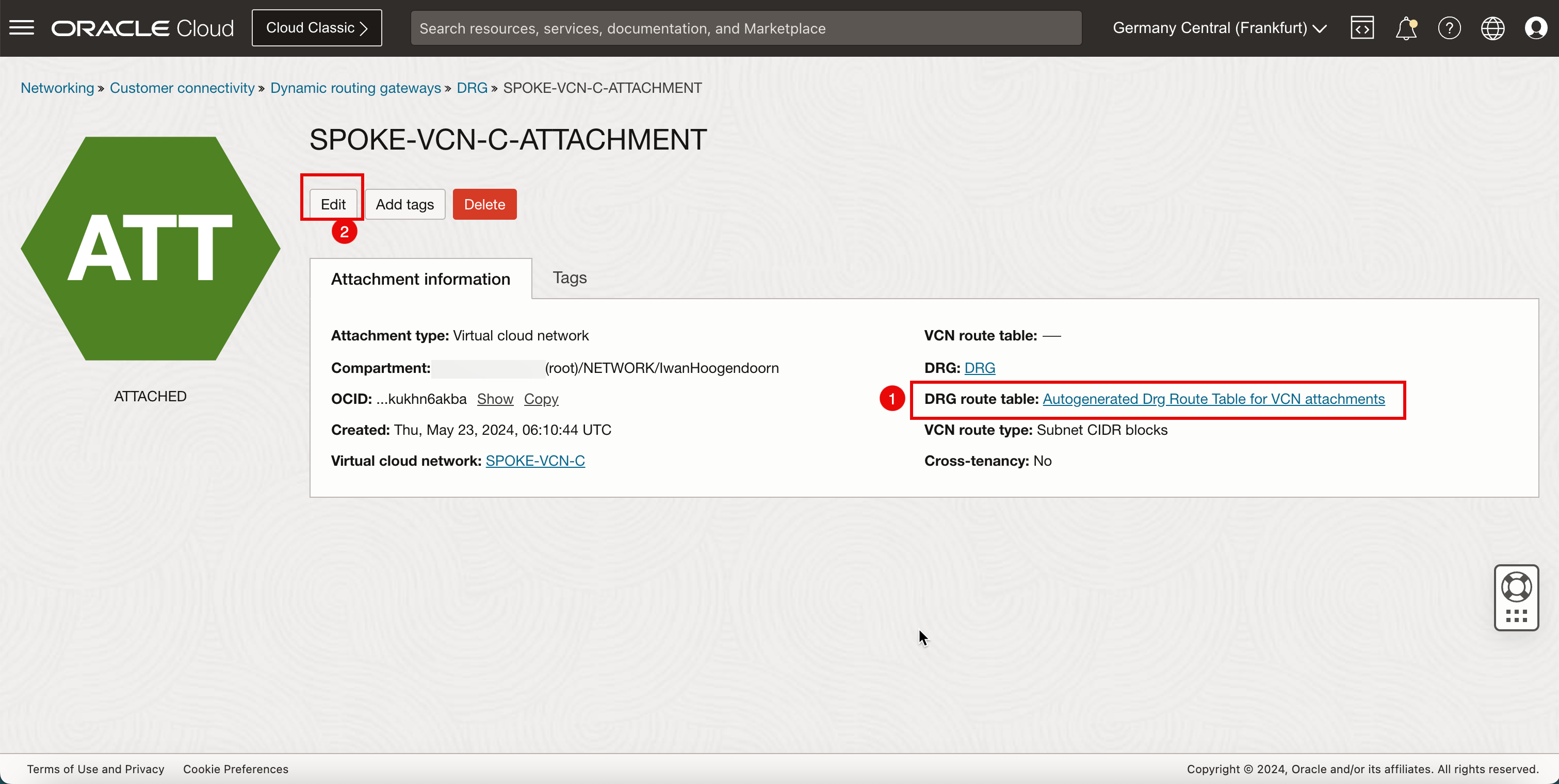

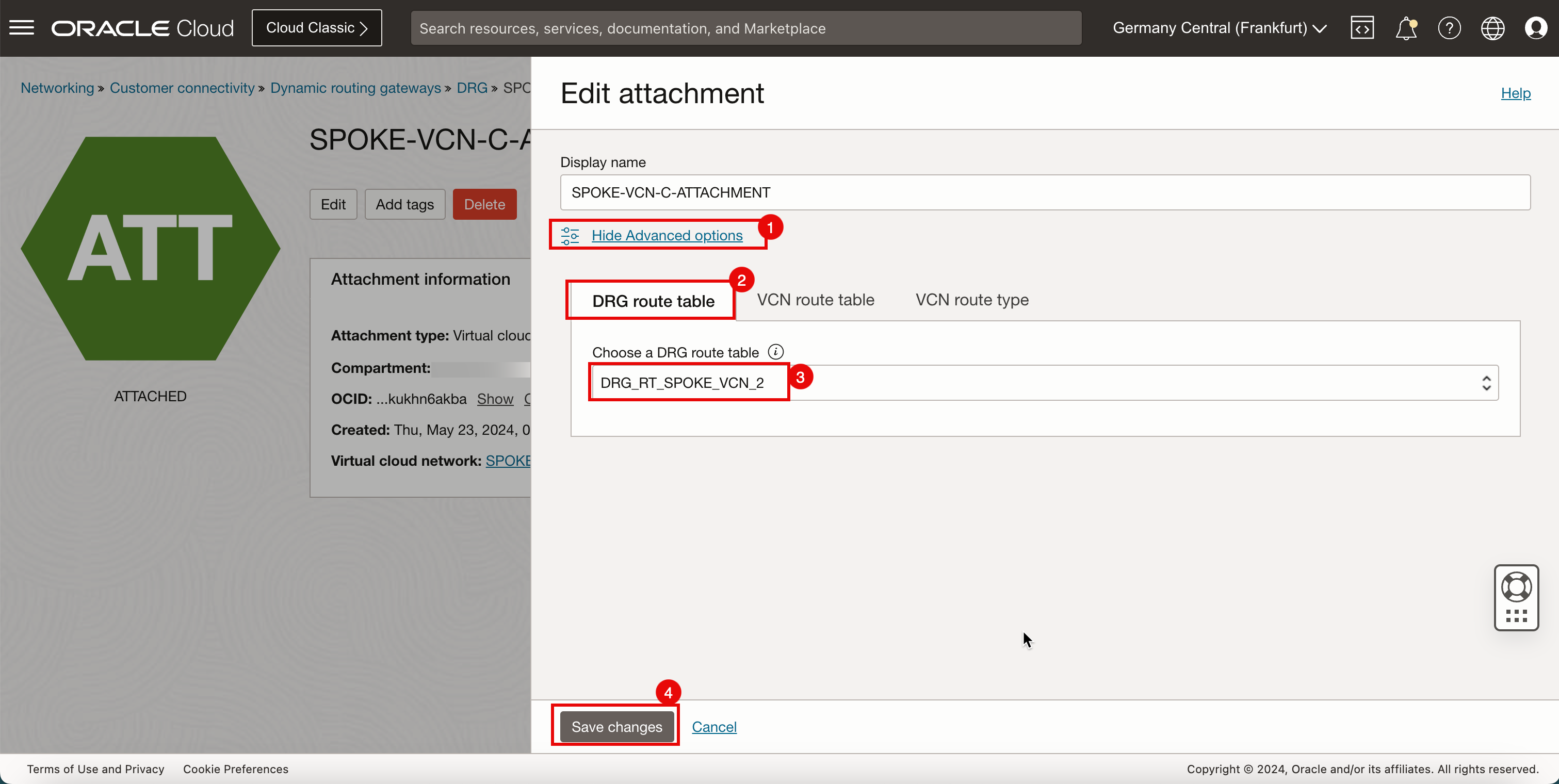

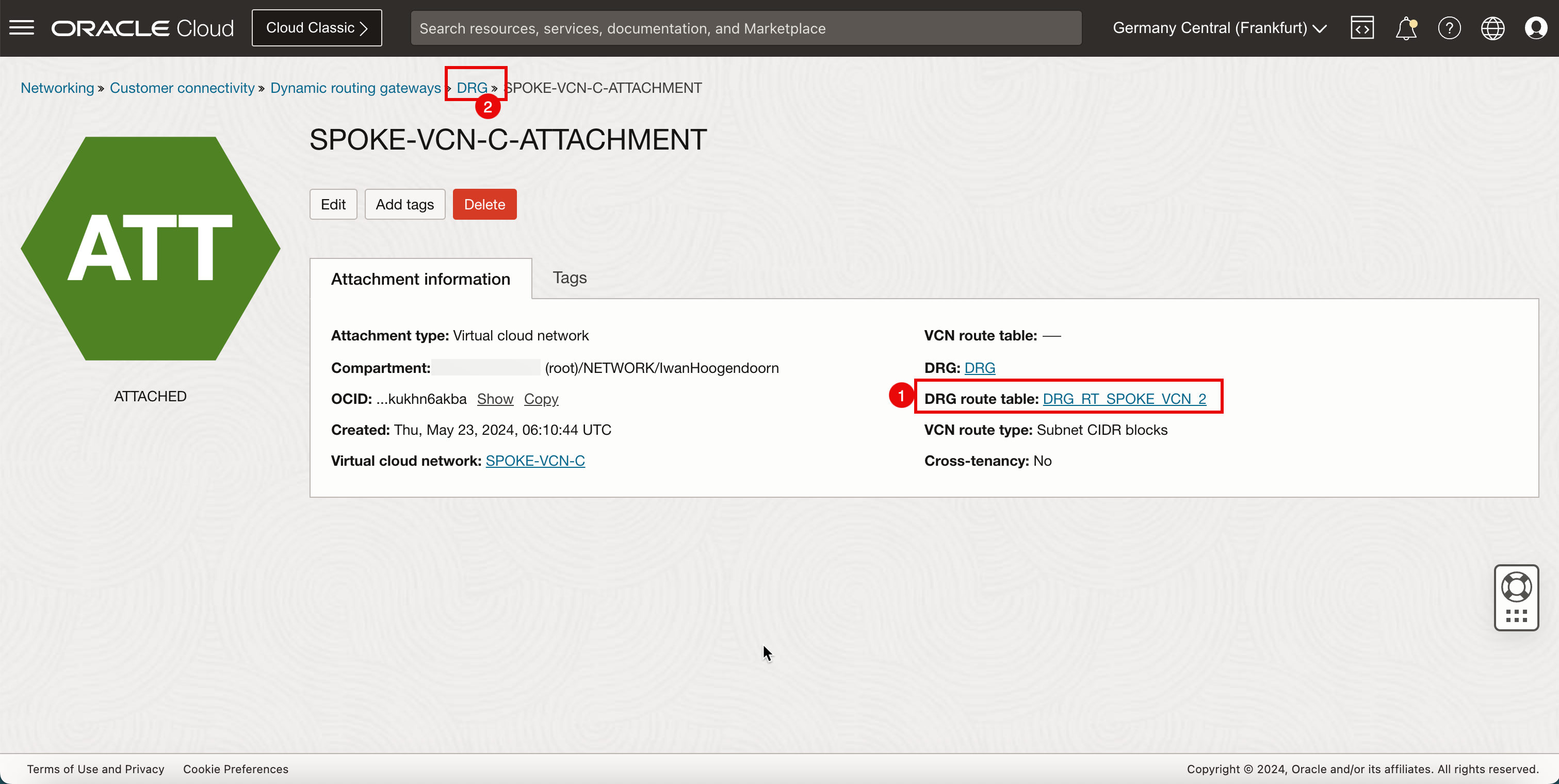

스포크 C에 대한 VCN 연결을 누릅니다.

- 스포크 C에 대한 VCN 연결에는 자동 생성된 DRG 테이블이 연관되어 있습니다. 이를 변경해야 합니다.

- 편집을 누릅니다.

- 고급 옵션 표시를 누릅니다.

- DRG 경로 테이블 탭을 선택합니다.

- 이전에 생성한 DRG 경로 테이블(

DRG_RT_SPOKE_VCN_2)을 선택합니다. - 변경 사항 저장을 누릅니다.

- 새 DRG 경로 테이블은 스포크 VCN C 연결에서 활성 상태입니다.

- DRG를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

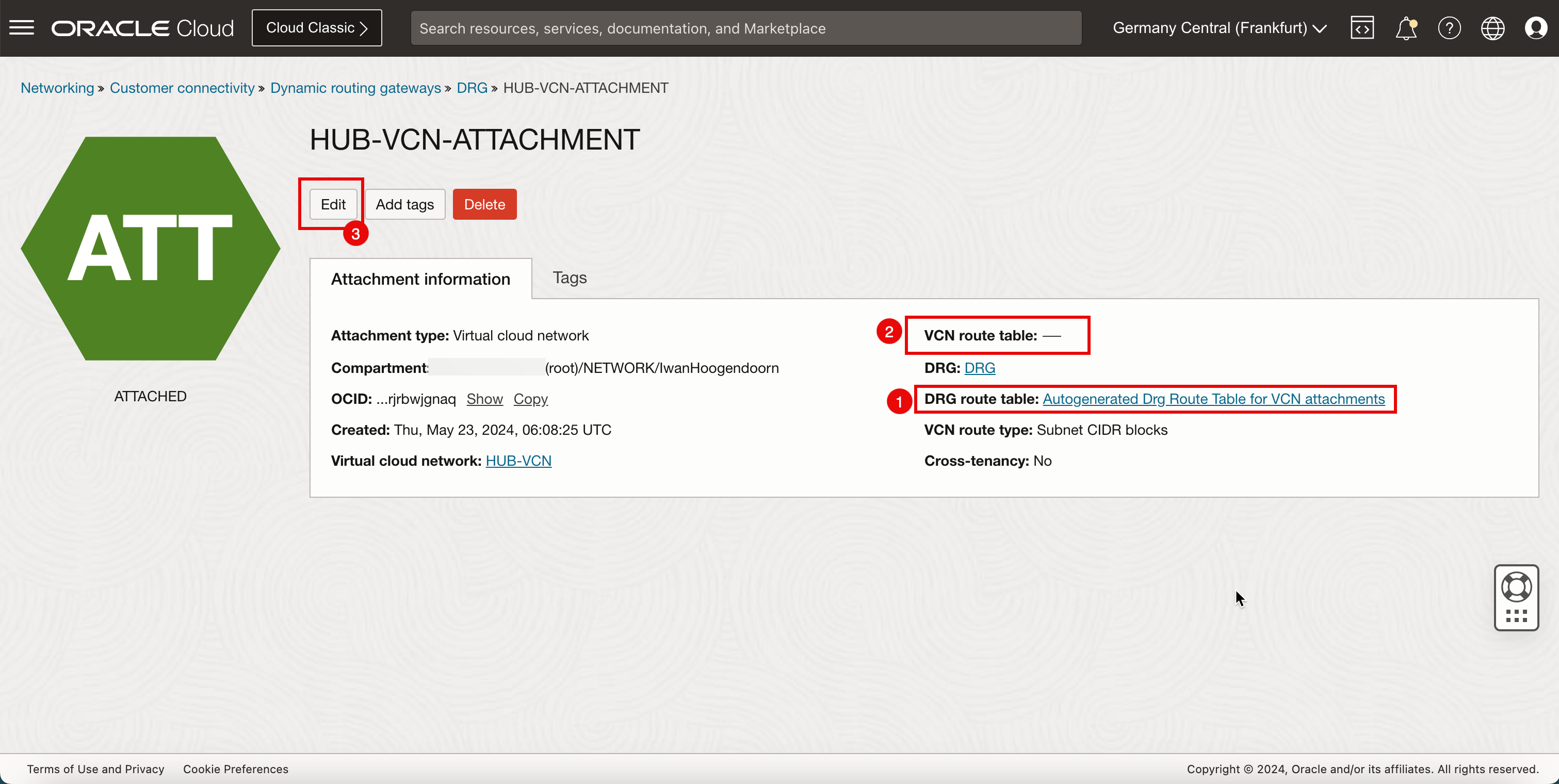

허브 VCN 연결에 DRG 라우팅 테이블 연결

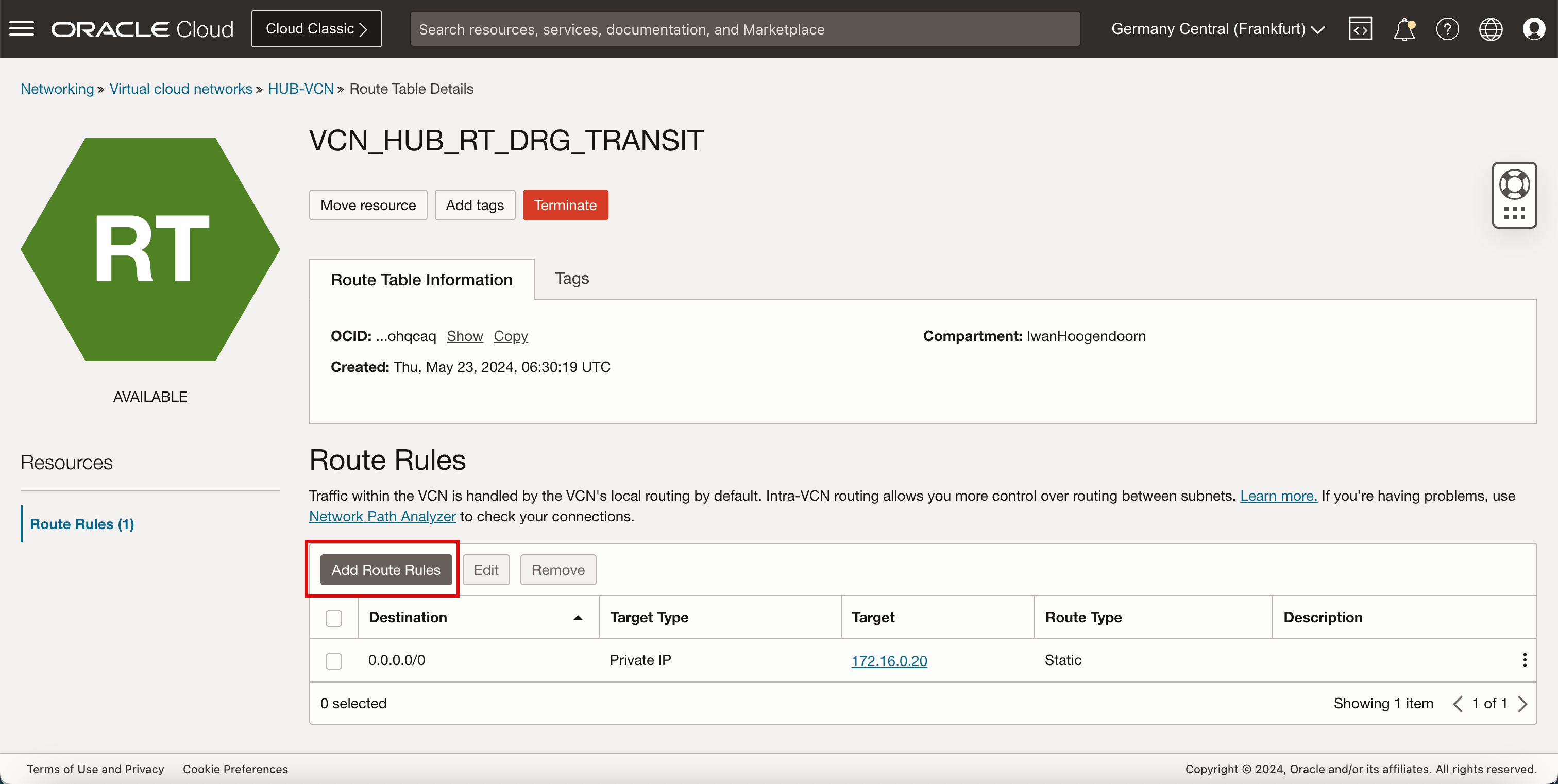

()DRG_RT_HUB_VCN_3) DRG 경로 테이블을 허브 VCN 연결에 연결합니다. 또한 (VCN_HUB_RT_DRG_TRANSIT) VCN 라우트 테이블을 허브 VCN 연결에 연결하려고 합니다.

경로 지정 정보: (DRG_RT_HUB_VCN_3) 이 DRG 경로 테이블 및 경로 테이블 연결은 스포크에서 모든 네트워크가 DRG에서 알려지고 DRG에서 학습되도록 하여 DRG가 스포크에서 사용 가능한 네트워크를 인식하고 스포크 네트워크를 경로 지정할 위치를 알 수 있도록 합니다.

라우팅 정보: (VCN_HUB_RT_DRG_TRANSIT) 이 VCN 라우팅 테이블 및 라우팅 테이블 연결은 모든 트래픽이 허브의 방화벽으로 라우팅되는지 확인합니다.

-

DRG 페이지로 이동합니다. 네트워킹, 동적 경로 지정 게이트웨이를 누르고 이전에 생성된 DRG를 선택합니다.

- VCN 연결을 누릅니다.

- 허브에 대한 VCN 연결을 누릅니다.

- 허브에 대한 VCN 연결에는 자동 생성된 DRG 테이블이 연관되어 있습니다. 이를 변경해야 합니다.

- 허브에 대한 VCN 연결에 연계된 VCN 테이블이 없습니다. 우리는 이것을 추가해야합니다.

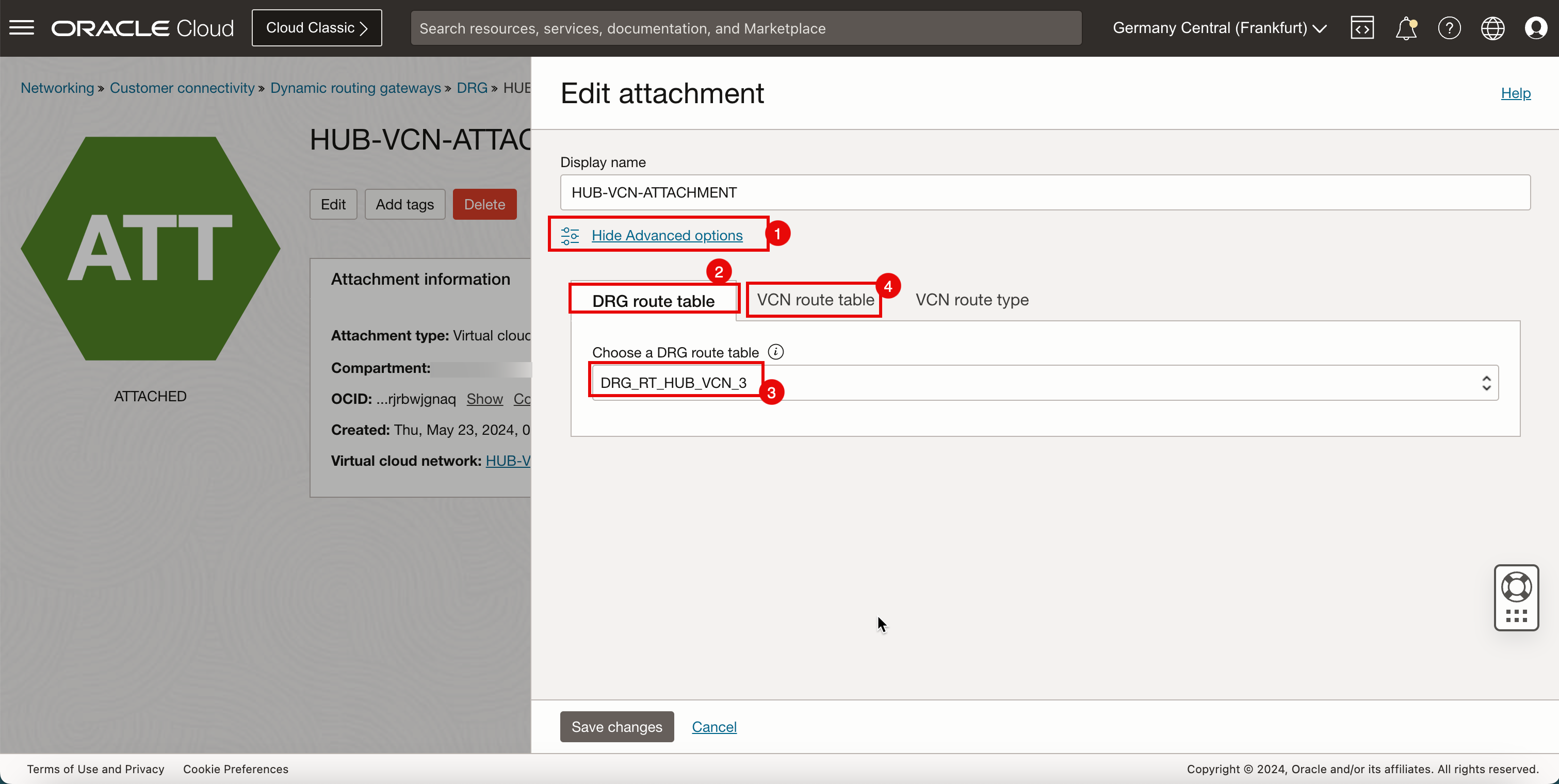

- 편집을 누릅니다.

- 고급 옵션 표시를 누릅니다.

- DRG 경로 테이블 탭을 선택합니다.

- 이전에 생성한 DRG 경로 테이블(

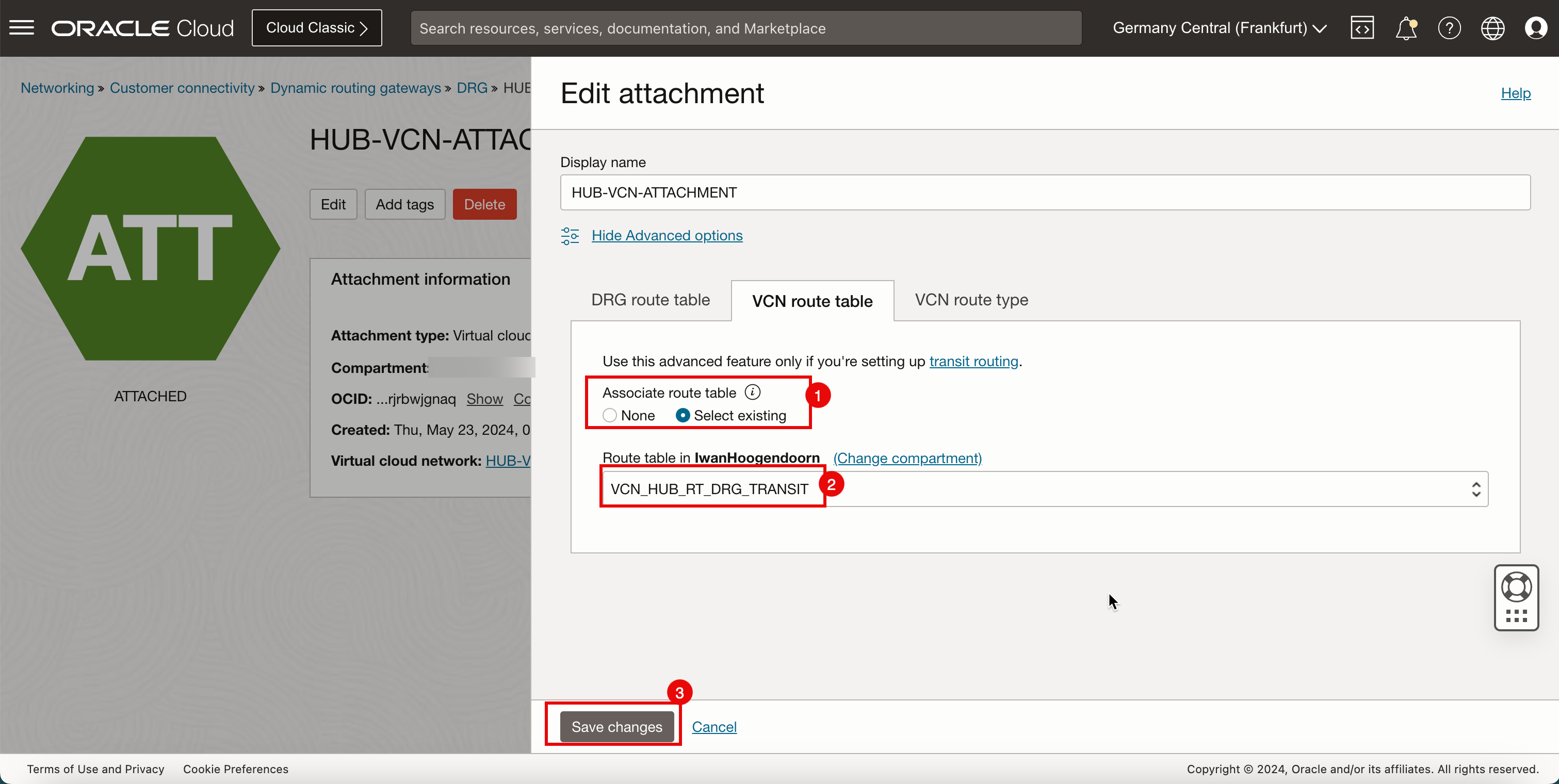

DRG_RT_HUB_VCN_3)을 선택합니다. - VCN 라우트 테이블 탭을 클릭합니다.

- 기존 항목 선택을 선택하여 기존 VCN 경로 테이블을 선택합니다.

- 이전에 생성한 VCN 라우트 테이블(

VCN_HUB_RT_DRG_TRANSIT)을 선택합니다. - 변경 사항 저장을 누릅니다.

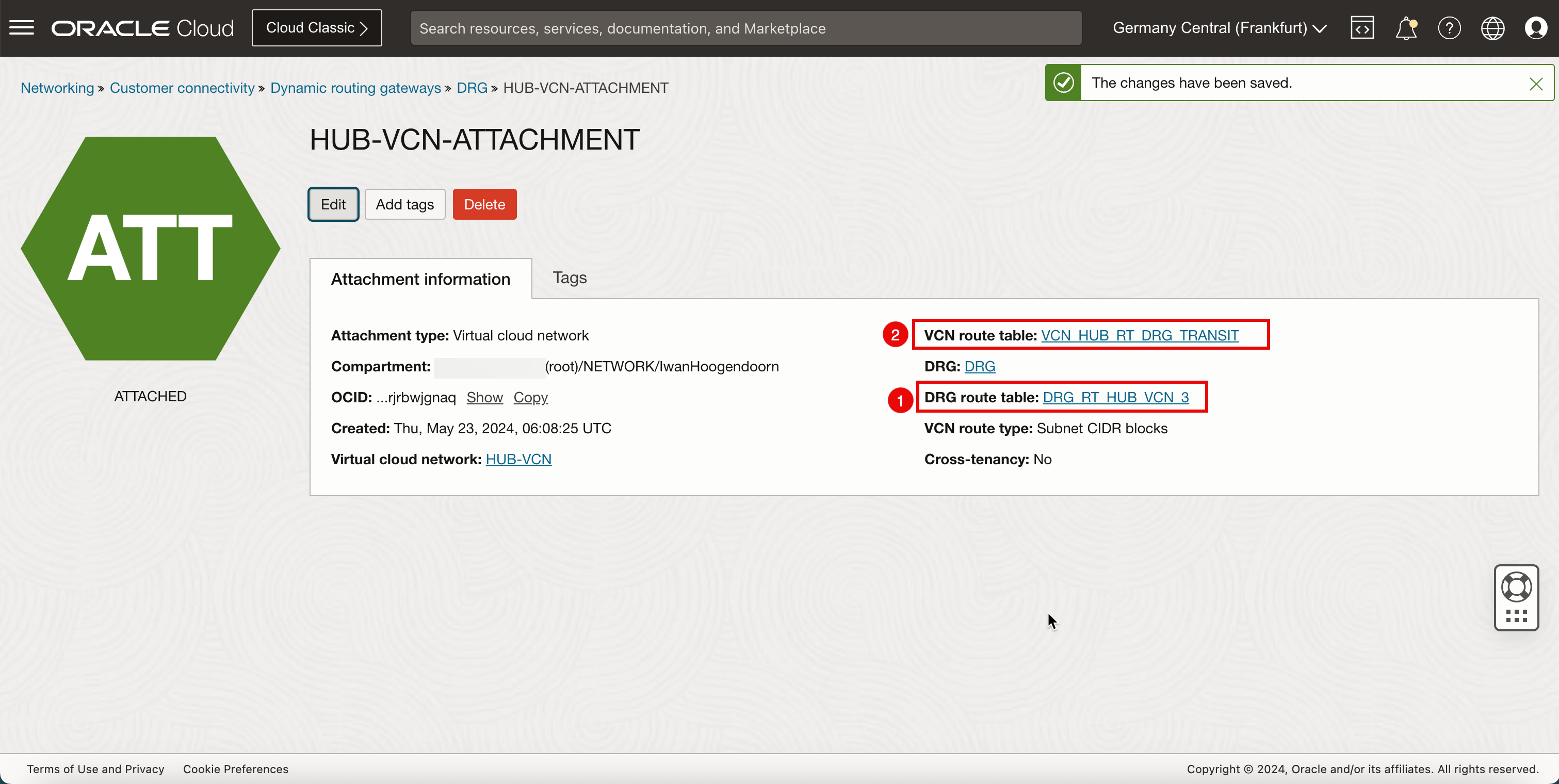

- 새 DRG 경로 테이블은 허브 VCN 연결에서 활성 상태입니다.

- 새 VCN 라우트 테이블이 허브 VCN 연결에서 활성 상태입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

VCN 경로 테이블 연결:

이제 이전 작업의 VCN 라우트 테이블 중 하나에 대해 이 작업을 이미 시작했지만 VCN 라우트 테이블을 연결하려고 합니다.

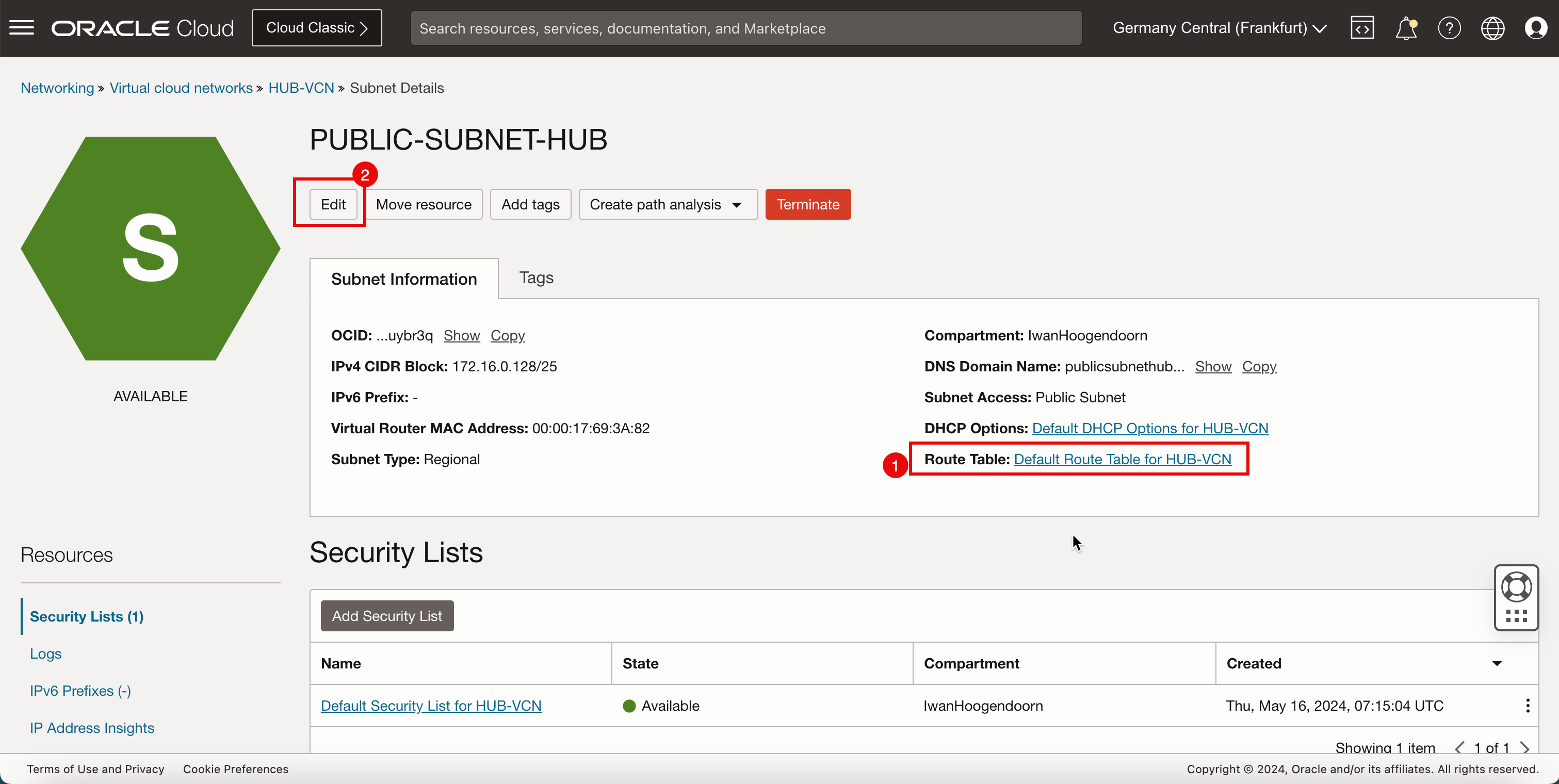

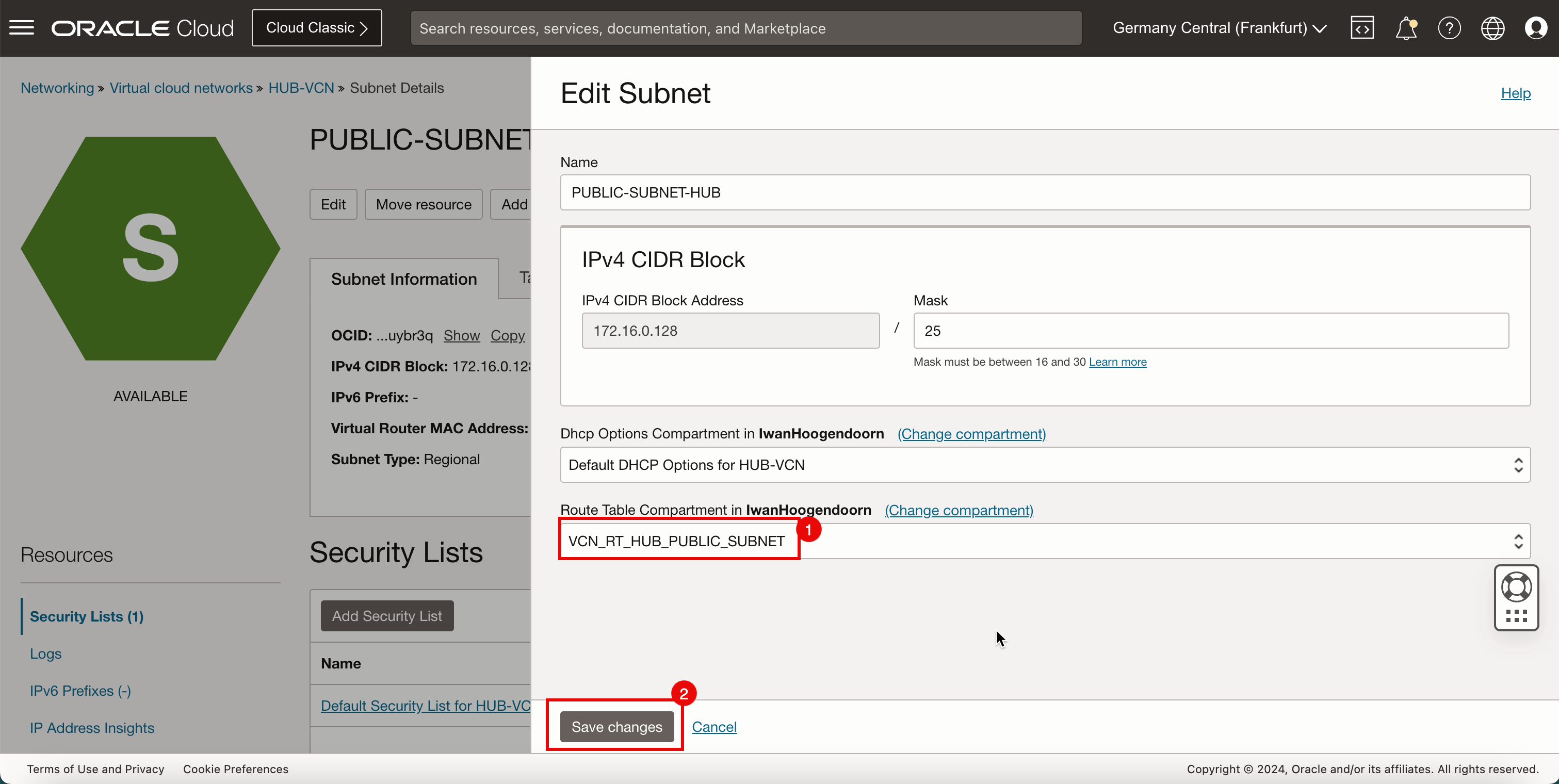

VCN 라우팅 테이블을 허브 VCN 공용(public) 서브넷에 연결

(VCN_RT_HUB_PUBLIC_SUBNET) VCN 경로 테이블을 허브 VCN의 공용 서브넷에 연결합니다.

라우팅 정보: (VCN_RT_HUB_PUBLIC_SUBNET) 이 VCN 라우팅 테이블은 스포크 대상으로 지정된 트래픽을 방화벽으로 라우팅합니다. 인터넷 게이트웨이로 향하는 인터넷(스포크 네트워크 이외의 모든 트래픽) 트래픽도 이 경로 테이블에 의해 경로 지정됩니다.

-

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 가상 클라우드 네트워크를 누릅니다.

-

허브 VCN을 누릅니다.

- 서브넷을 누릅니다.

- Public hub Subnet(공용 허브 서브넷)을 누릅니다.

- 공용 허브 서브넷에 기본 VCN 테이블이 연관되어 있습니다. 이를 변경해야 합니다.

- 편집을 누릅니다.

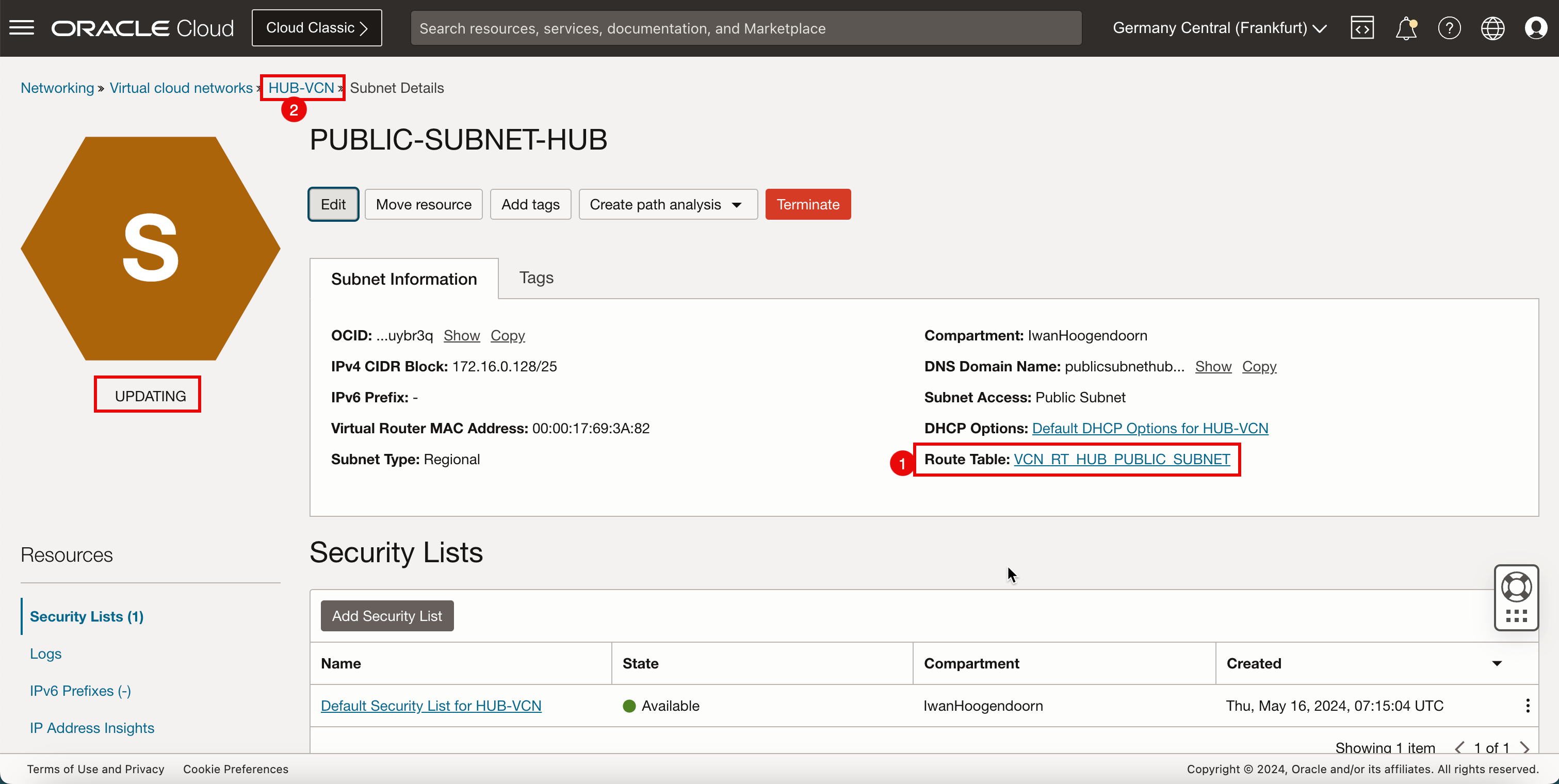

- 이전에 생성한 VCN 라우트 테이블(

VCN_RT_HUB_PUBLIC_SUBNET)을 선택합니다. - 변경 사항 저장을 누릅니다.

- 새 VCN 경로 테이블이 허브 공용 서브넷에서 활성 상태입니다.

- 허브 VCN을 눌러 허브 VCN 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

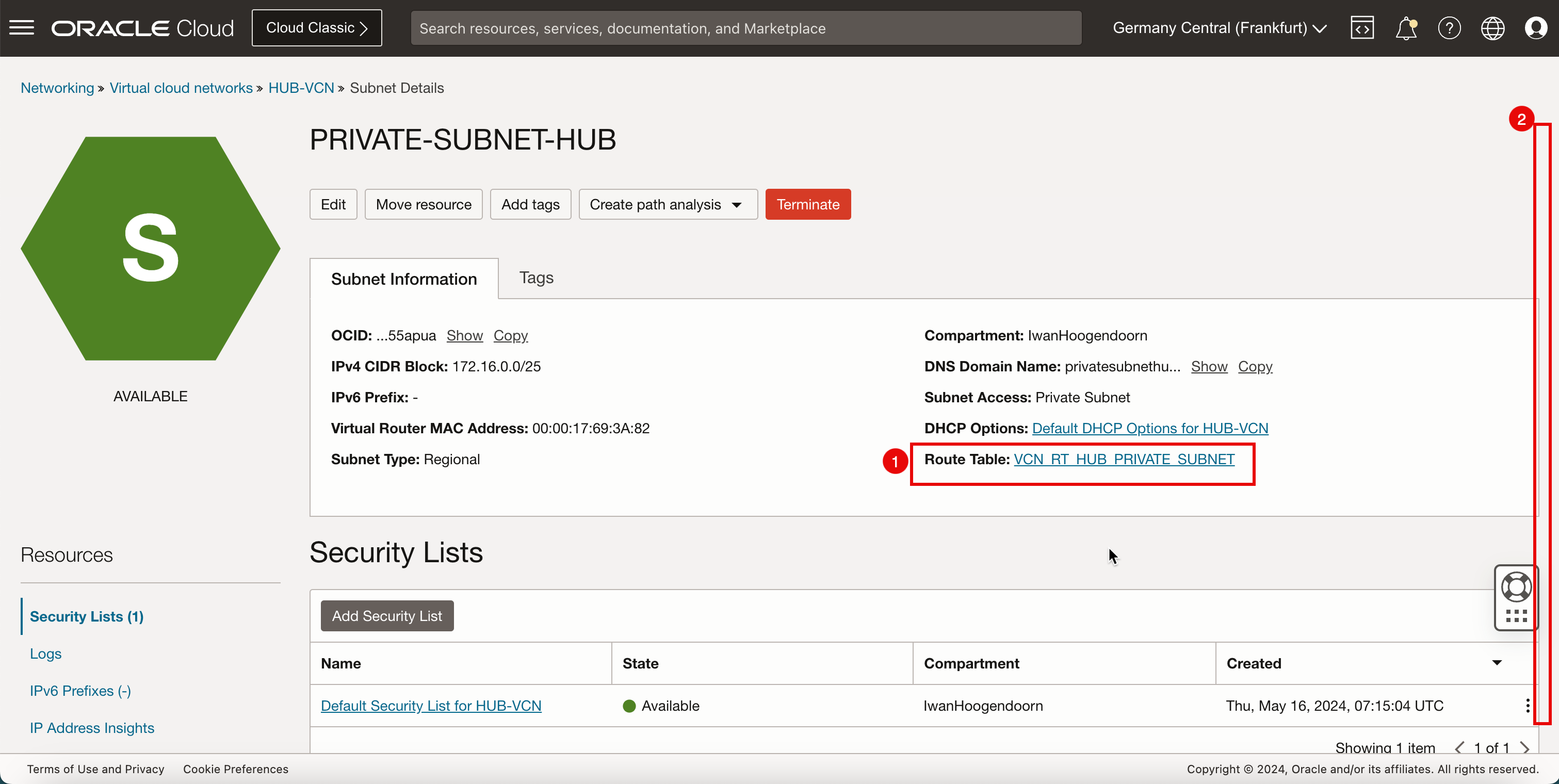

VCN 라우팅 테이블을 허브 VCN 전용 서브넷에 연결

다음으로 (VCN_RT_HUB_PRIVATE_SUBNET) VCN 경로 테이블을 허브 VCN의 전용 서브넷에 연결합니다.

라우팅 정보: (VCN_RT_HUB_PRIVATE_SUBNET) 이 VCN 라우팅 테이블은 스포크 대상으로 지정된 트래픽을 방화벽으로 라우팅합니다. NAT 게이트웨이로 향하는 인터넷(Spoke 네트워크 이외의 모든 트래픽) 트래픽도 이 경로 테이블에 의해 경로 지정됩니다.

-

허브 VCN으로 이동합니다.

- Private hub Subnet(개인 허브 서브넷)을 누릅니다.

- 전용 허브 서브넷에 VCN 경로 테이블이 이미 연관되어 있습니다. 기본 VCN 테이블이 계속 연관되어 있으면 변경합니다. 변경하려면 편집을 누르고

VCN_RT_HUB_PRIVATE_SUBNET로 변경합니다. - 아래로.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

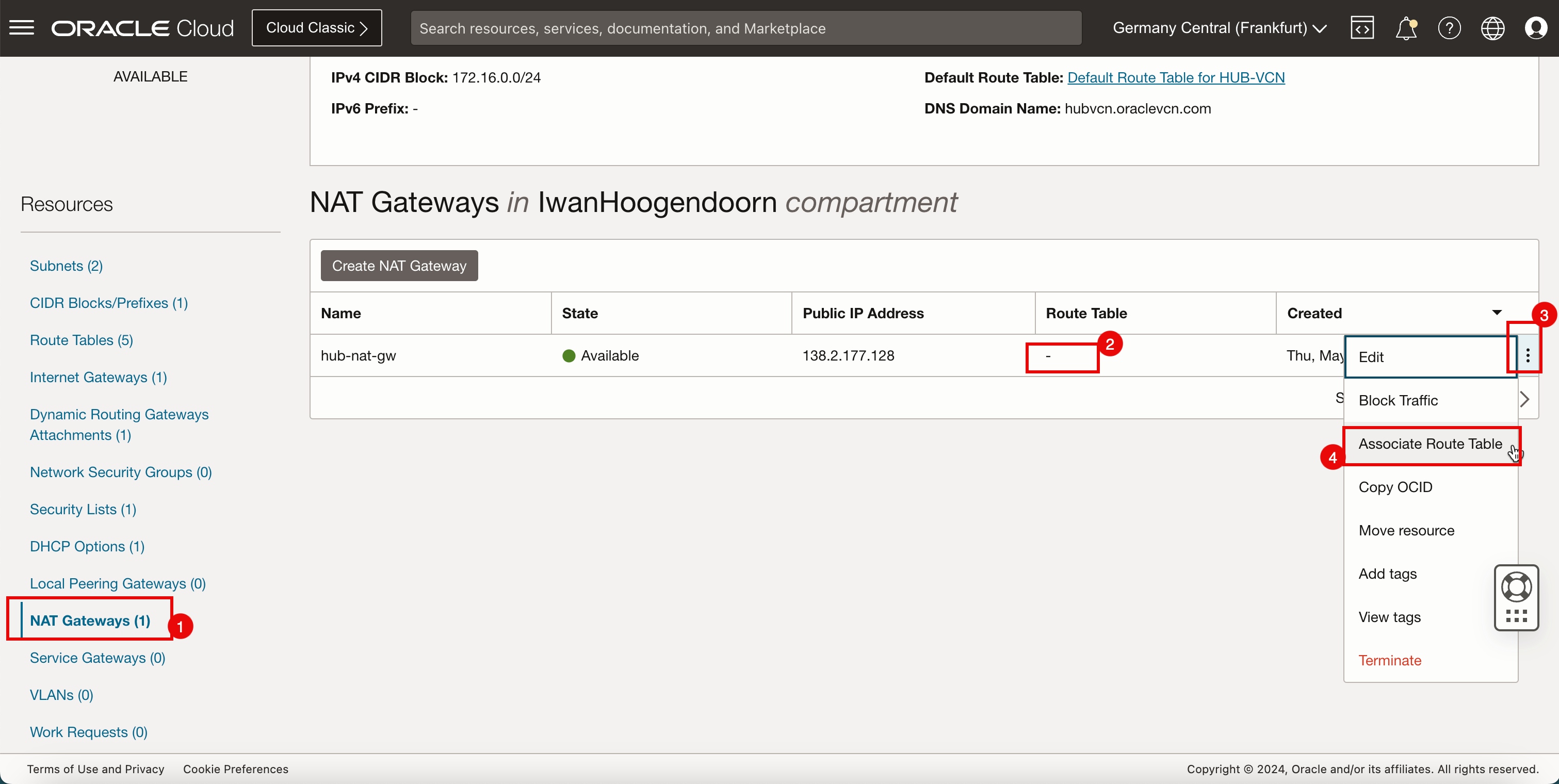

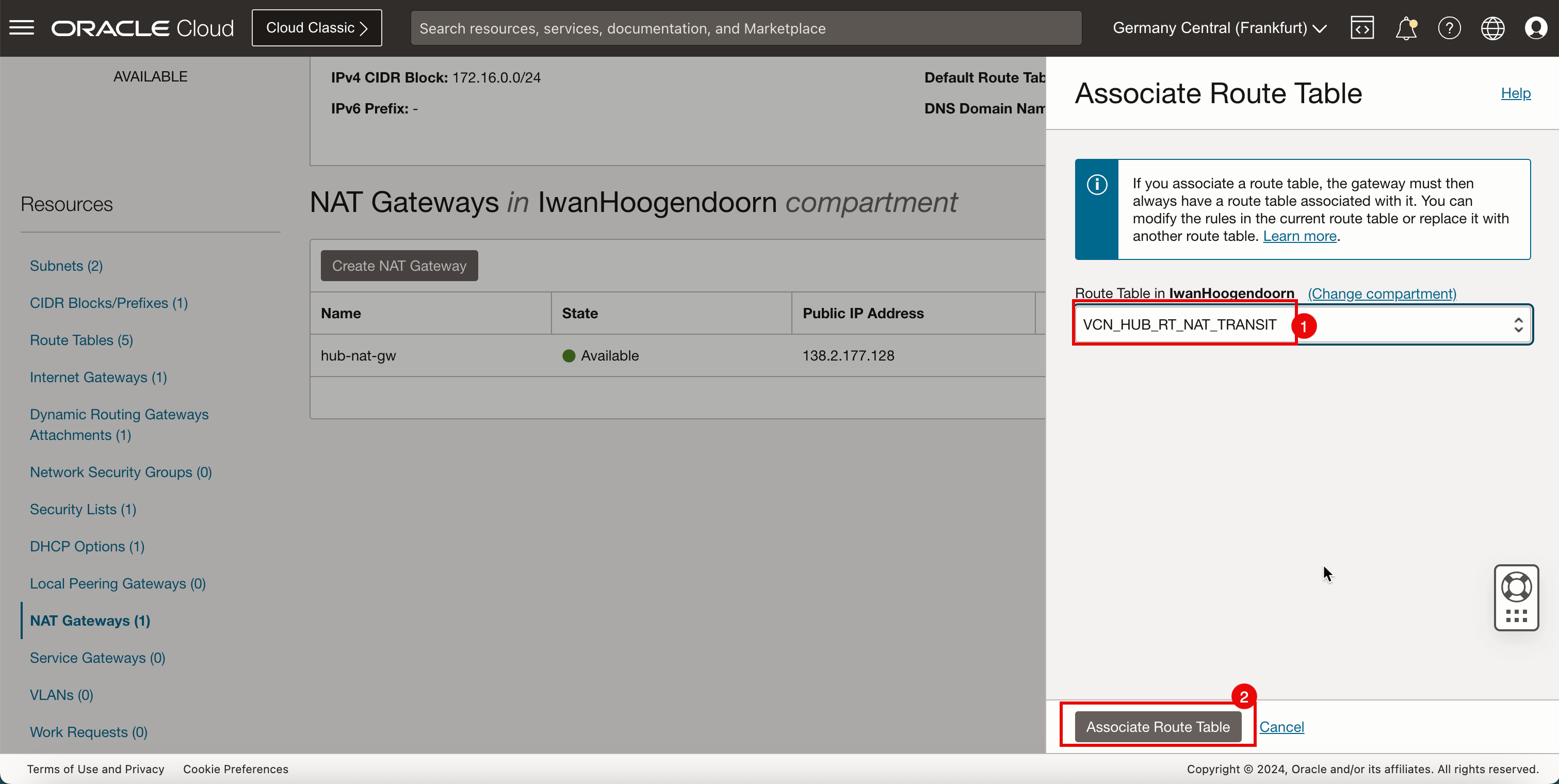

VCN 라우팅 테이블을 허브 VCN NAT 게이트웨이에 연결

(VCN_HUB_RT_NAT_TRANSIT) VCN 라우트 테이블을 허브 VCN의 NAT 게이트웨이에 연결합니다.

라우팅 정보: (VCN_HUB_RT_NAT_TRANSIT) 이 VCN 라우팅 테이블은 스포크 대상으로 지정된 트래픽을 방화벽으로 라우팅합니다.

-

OCI 콘솔로 이동합니다.

- NAT 게이트웨이를 누릅니다.

- NAT 게이트웨이에 연관된 경로 테이블이 없습니다.

- 점 3개를 누릅니다.

- 경로 테이블 연관을 누릅니다.

- 이전에 생성한 VCN 라우트 테이블(

VCN_HUB_RT_NAT_TRANSIT)을 선택합니다. - 경로 테이블 연관을 누릅니다.

-

새 VCN 라우트 테이블은 허브 NAT 게이트웨이에서 활성 상태입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

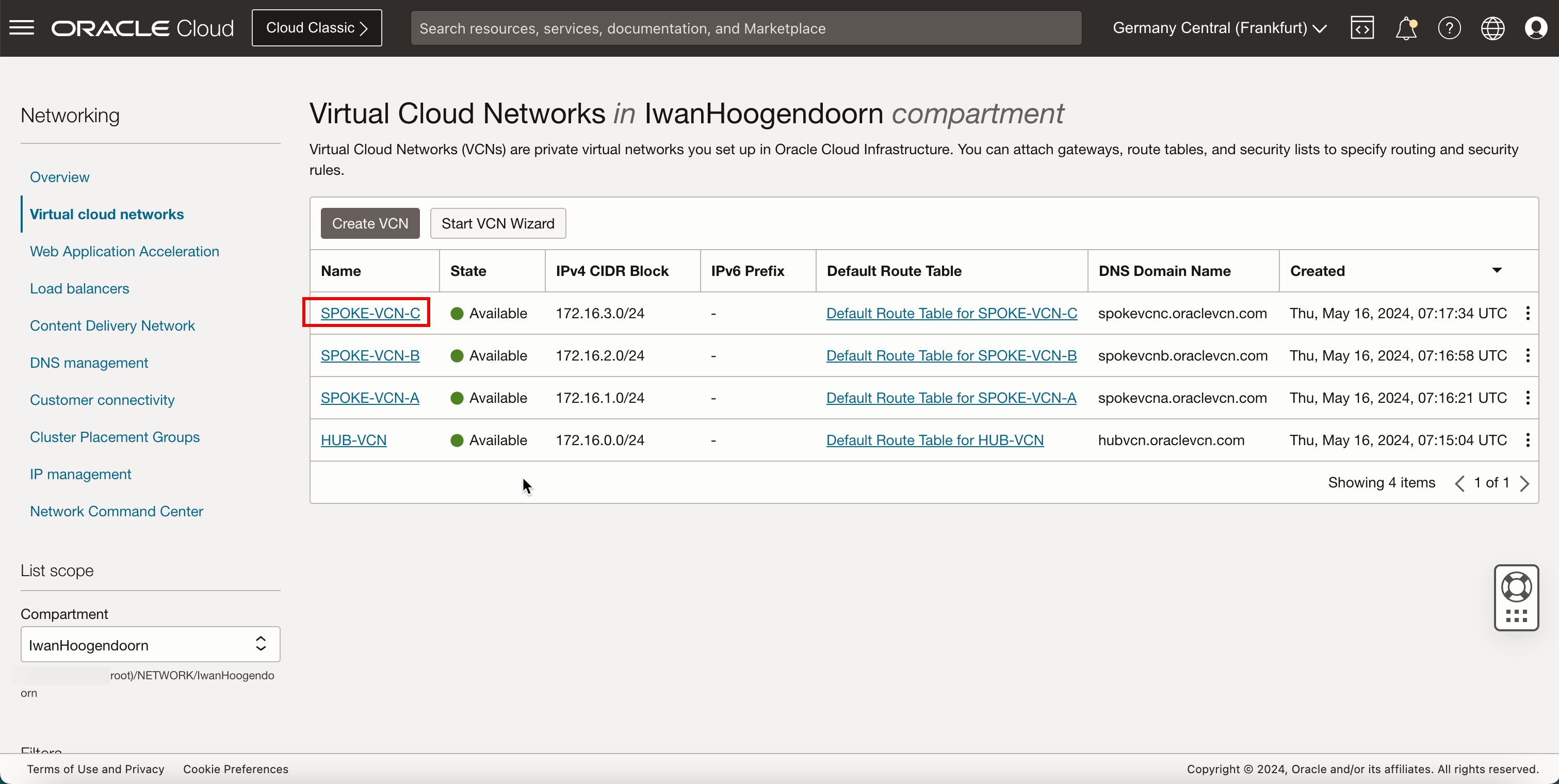

스포크 VCN 전용 서브넷에 VCN 라우팅 테이블 연결

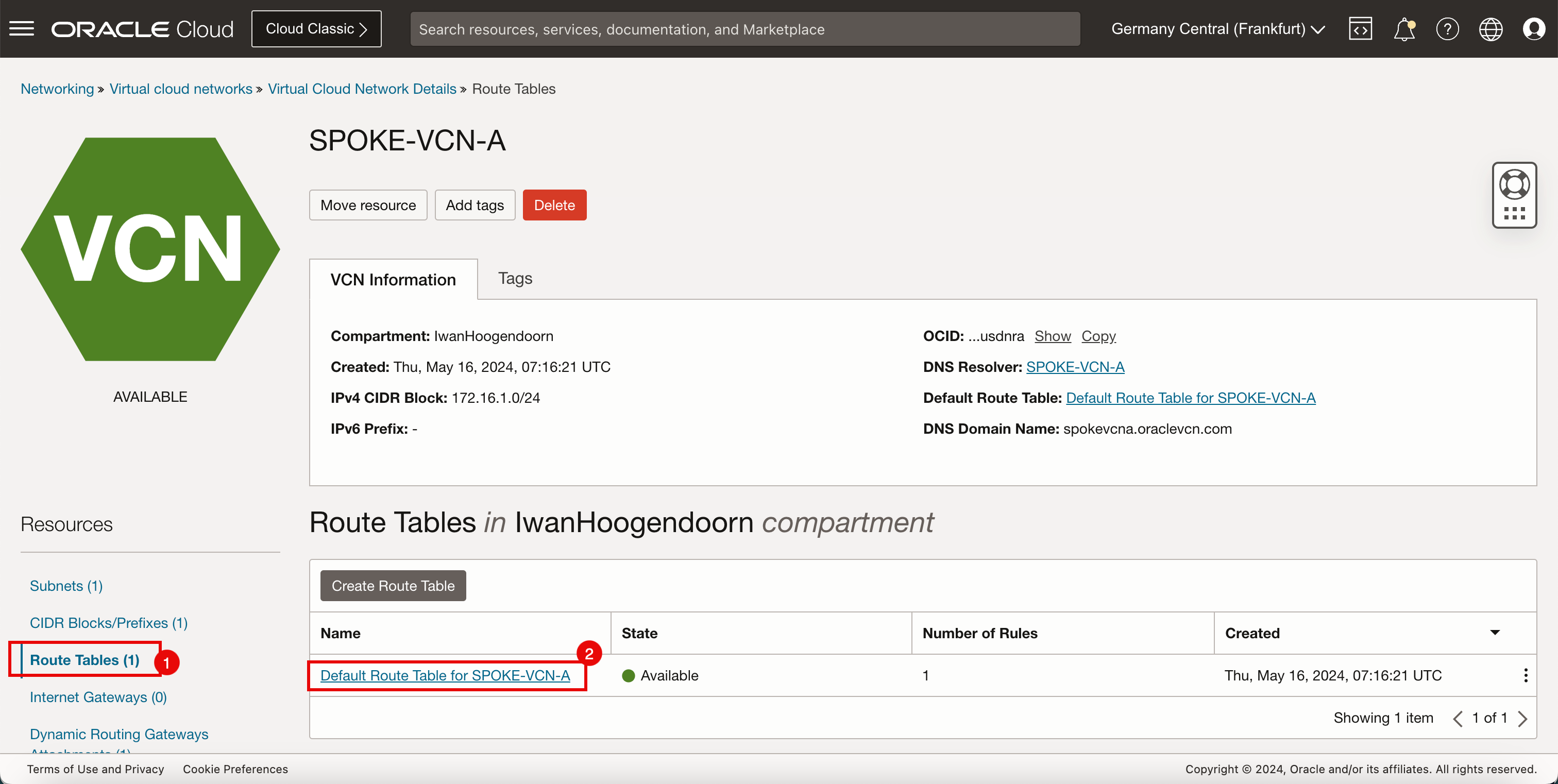

이전 태스크 중 하나에 기본 Spoke VCN 경로 지정 테이블이 이미 구성되었습니다. 스포크(A, B 및 C) 전용 서브넷은 자동으로 기본 VCN 라우트 테이블을 사용하므로 변경할 필요가 없습니다. 우리는 빠른 체크를 할 수 있습니다.

OCI 콘솔로 이동하여 네트워킹 및 가상 클라우드 네트워크로 이동합니다.

-

VCN A 스포크를 누릅니다.

-

전용 서브넷 스포크를 누릅니다.

- 스포크 VCN A에 대한 기본 경로 테이블이 사용됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

VCN B 스포크를 누릅니다.

-

스포크 B 전용 서브넷을 누릅니다.

- 스포크 VCN B에 대한 기본 경로 테이블이 사용됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

VCN C 스포크를 누릅니다.

-

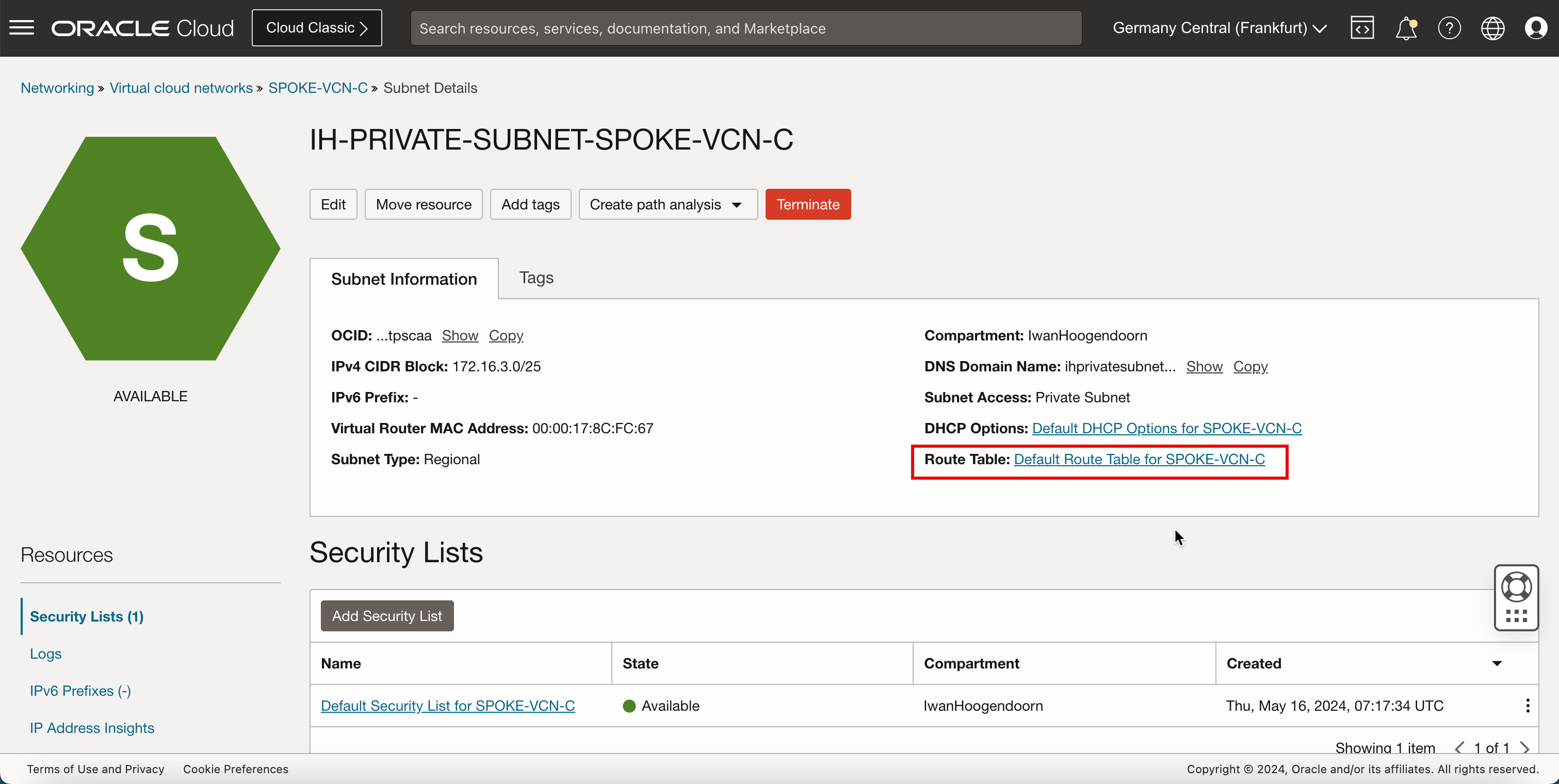

스포크 C 전용 서브넷을 누릅니다.

-

스포크 VCN C에 대한 기본 경로 테이블이 사용됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

작업 8: 연결 확인

전체 환경에 대해 경로 지정이 구성됩니다. 이제 라우팅이 작동하는지 테스트할 수 있습니다.

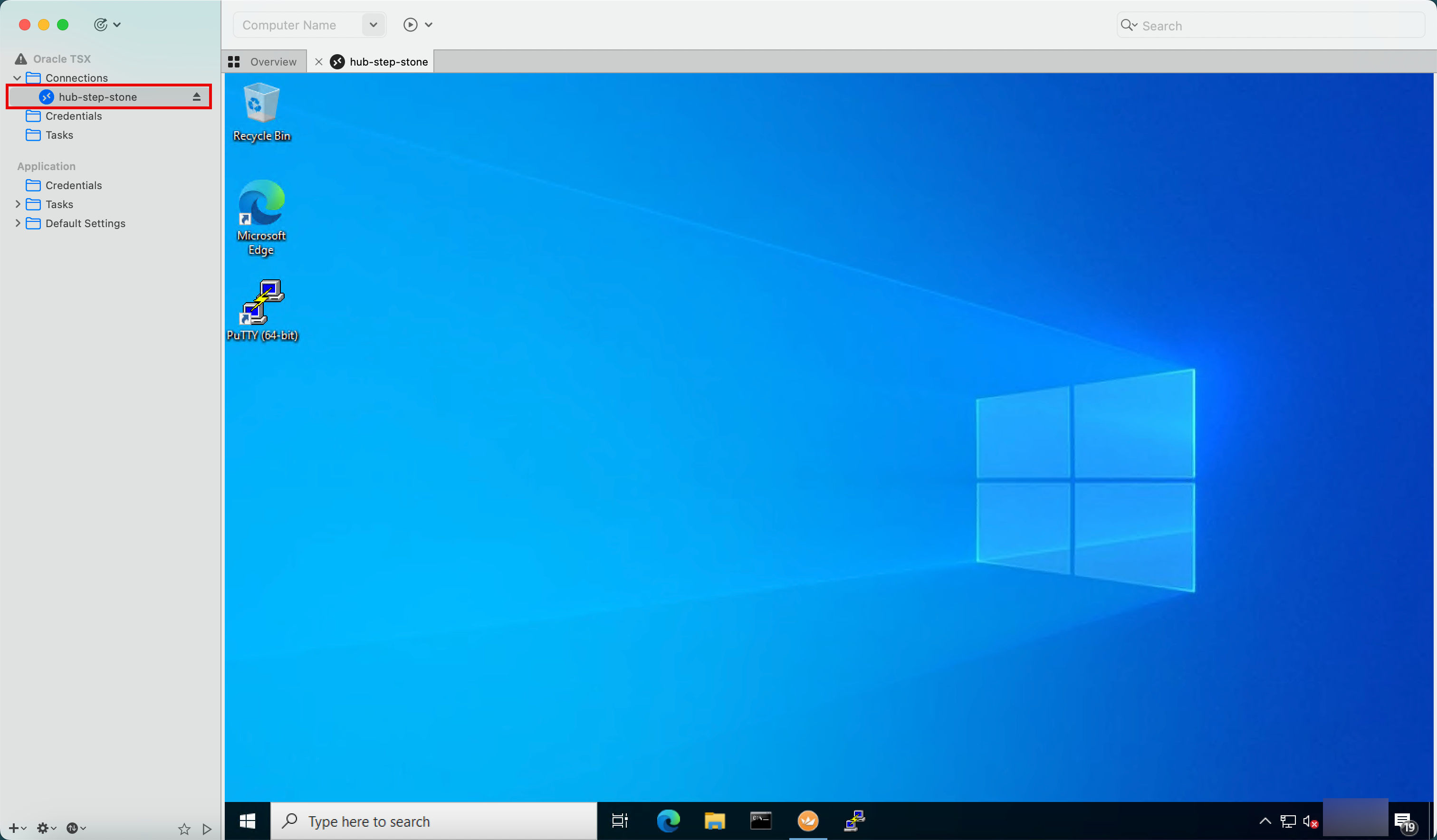

작업 8.1: RDP를 사용하여 스포크 스텝 스톤 인스턴스에 연결

우리는 인터넷을 통해 RDP를 사용하여 Windows 스테핑 스톤에 연결합니다. 트래픽은 인터넷 게이트웨이를 통해 경로 지정됩니다.

성공적으로 연결되면 데스크탑을 볼 수 있습니다. 이 데스크탑에서 몇 가지 핑 테스트를 수행하고 pfSense 허브 방화벽에 대한 관리를 수행합니다.

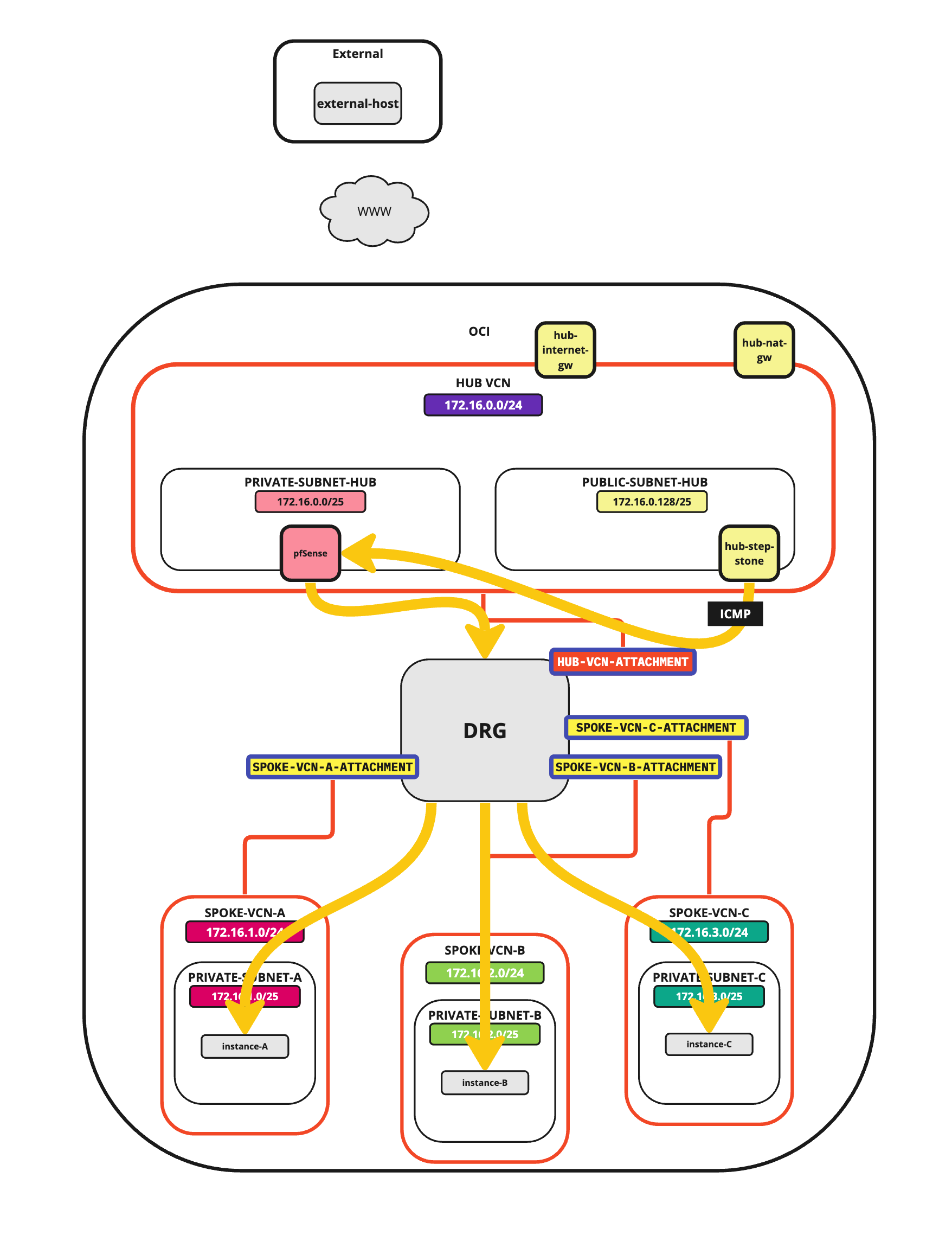

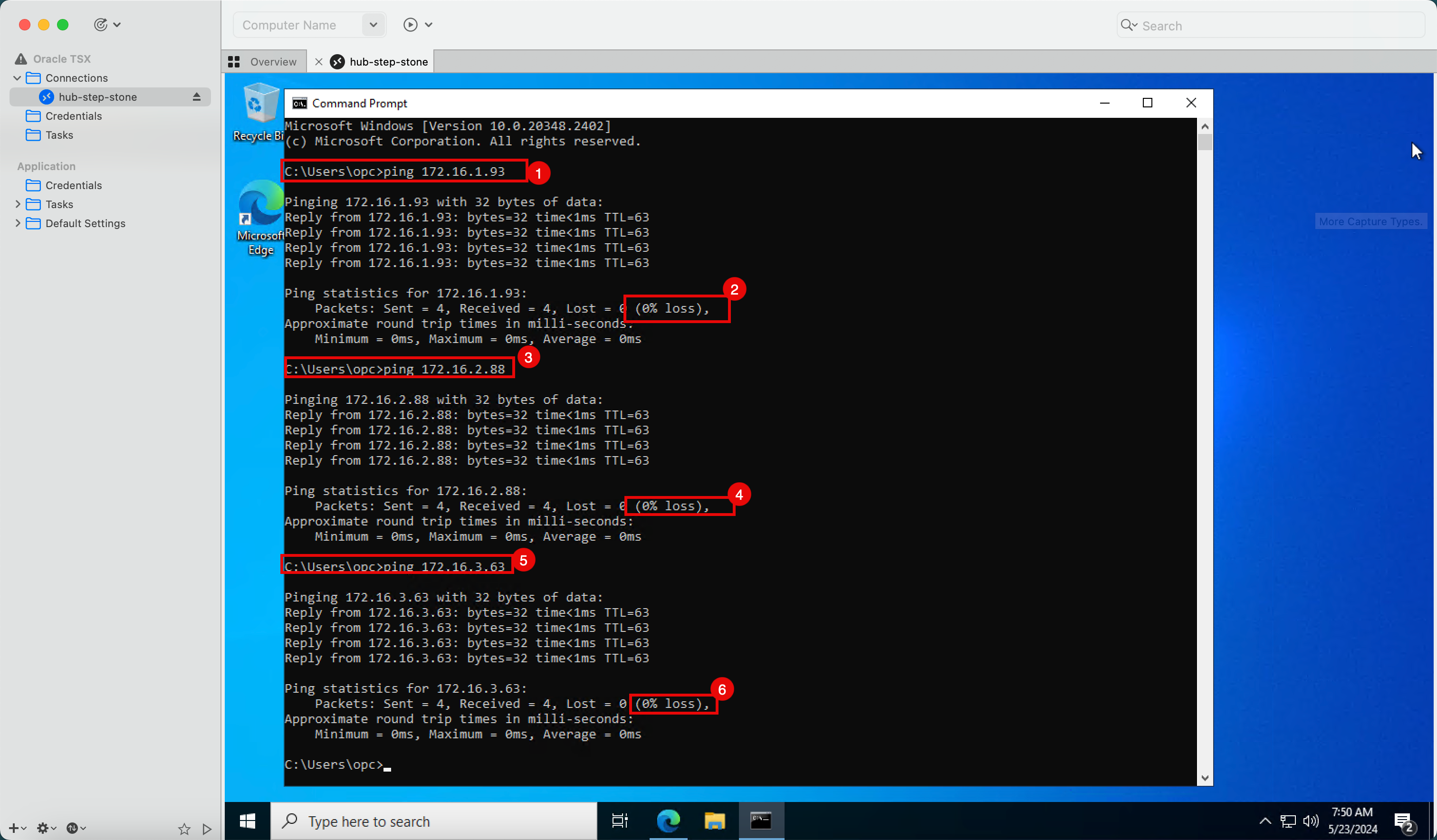

작업 8.2: 허브 VCN에서 스포크 VCN으로 핑

가장 먼저 수행할 핑 테스트는 허브 단계부터 스포크 VCN 인스턴스까지입니다.

-

경로 지정 구성으로 인해:

- 트래픽이 pfSense 방화벽으로 전송됩니다.

- pfSense 방화벽은 구성된 방화벽 규칙에 따라 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 DRG로 라우팅됩니다.

- 그러면 DRG는 올바른 스포크 VCN으로 트래픽을 라우팅합니다.

- 스포크 VCN 인스턴스 A IP 주소에 대한 핑을 허브 단계 스톤에서 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

- 허브 단계 단계에서 스포크 VCN 인스턴스 B IP 주소로 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

- 허브 단계 단계에서 스포크 VCN 인스턴스 C IP 주소에 대해 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

-

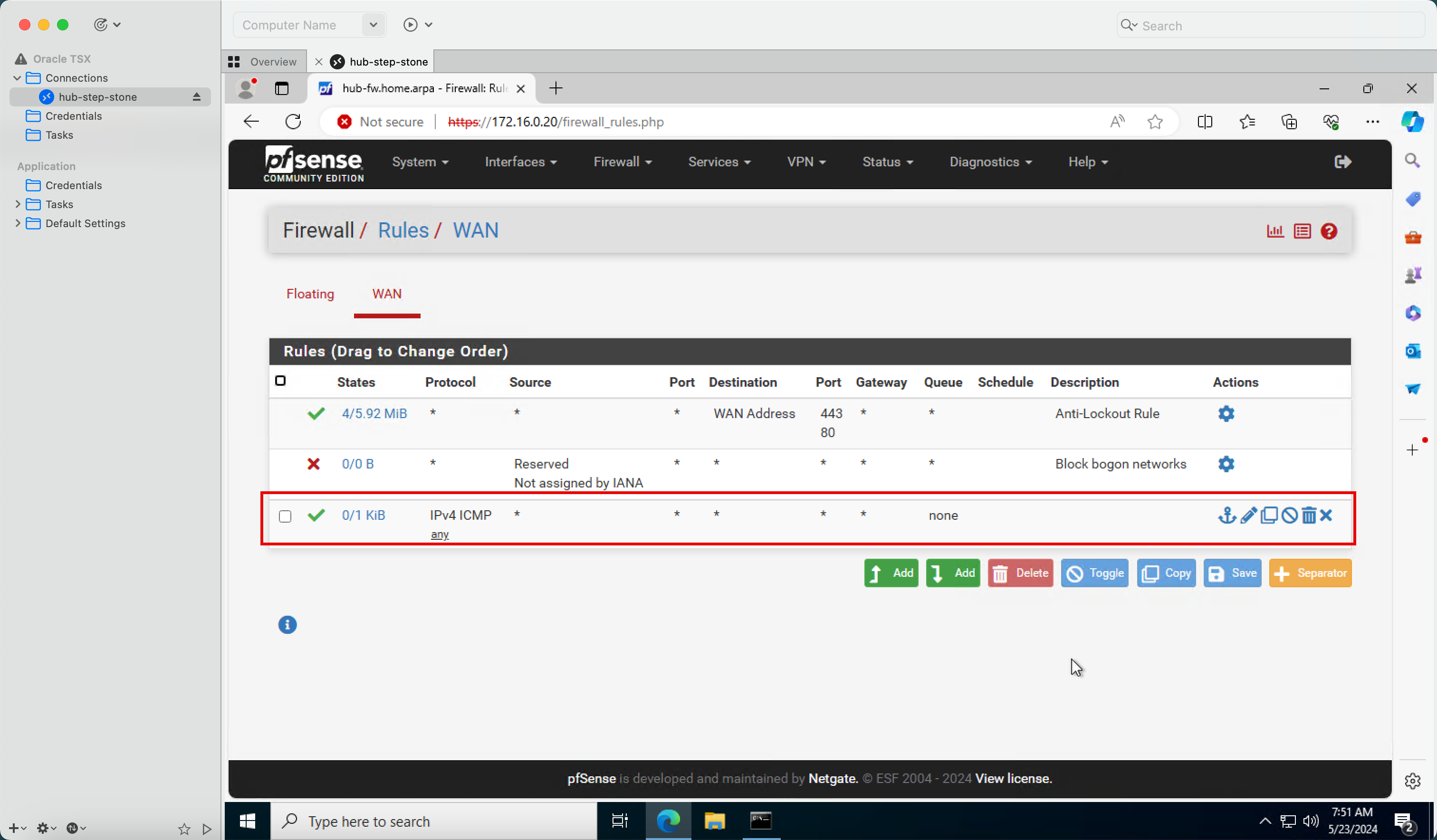

이 핑은 모든 ICMP 트래픽을 허용하는 방화벽 규칙이 pfSense 허브 방화벽에 있으므로 모두 성공합니다. 이 사용지침서에서는 pfSense 방화벽을 생성했습니다. Oracle Cloud Infrastructure에 pfSense 방화벽 설치를 통해 이 방화벽 규칙을 추가했습니다.

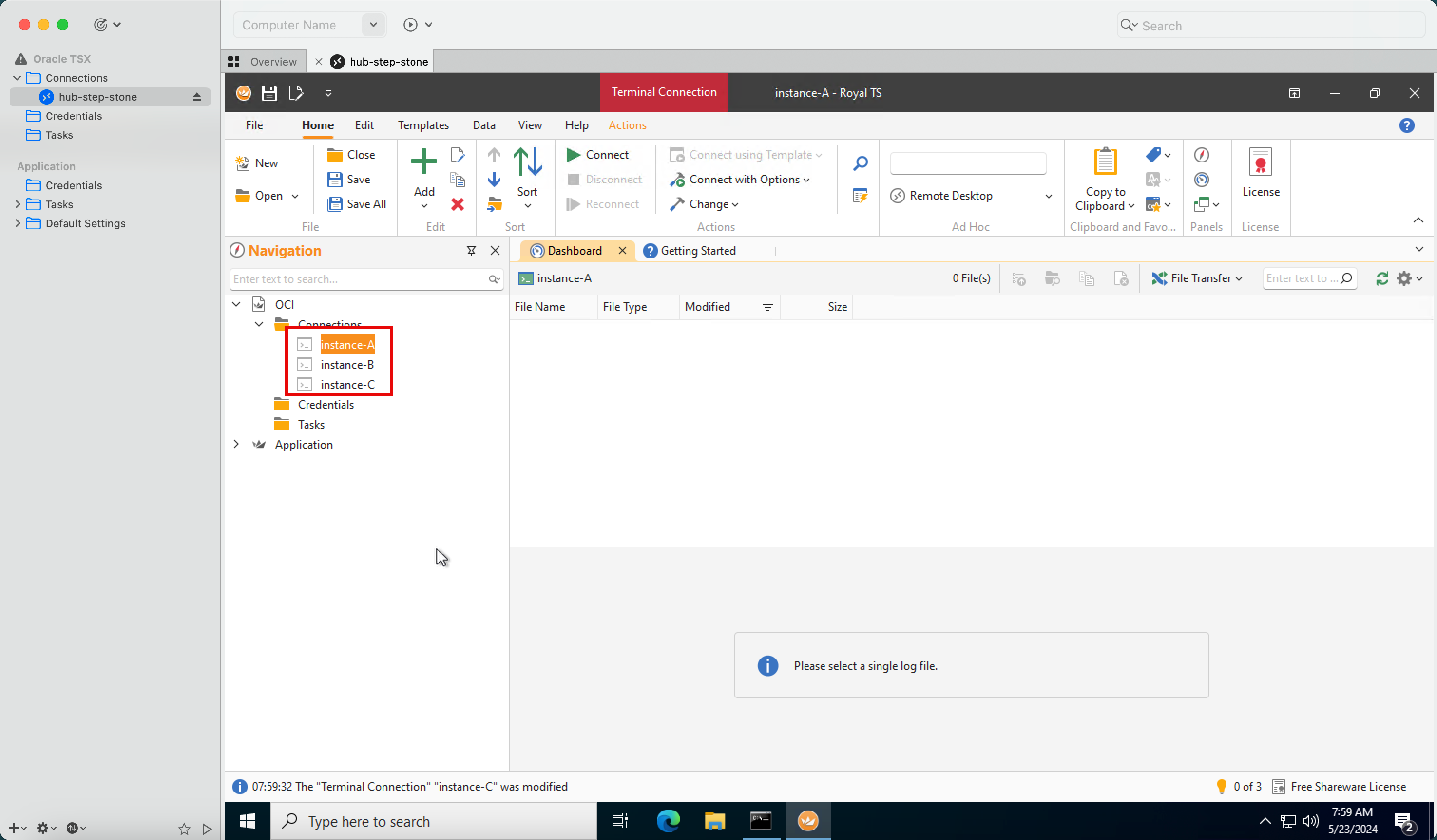

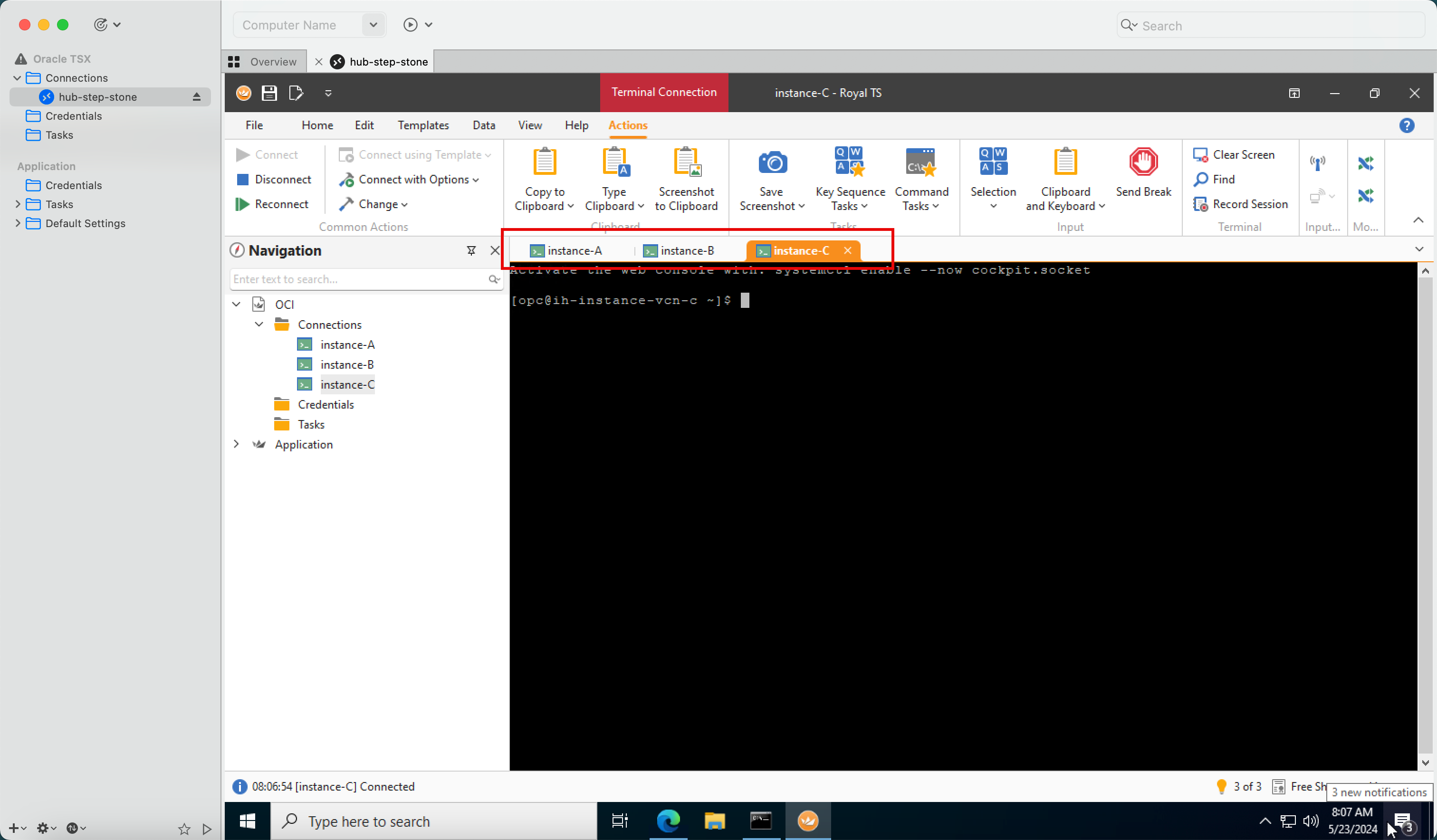

작업 8.3: SSH를 사용하여 스포크 인스턴스에 접속

핑(ICMP)은 작업 8.2에서 작동합니다. 이제 스포크 인스턴스에서 일부 연결 테스트도 수행해야 하므로 SSH를 사용하여 스포크 인스턴스에 연결해 보겠습니다.

-

경로 지정 구성으로 인해:

- 트래픽이 pfSense 방화벽으로 전송됩니다.

- pfSense 방화벽은 구성된 방화벽 규칙에 따라 트래픽을 허용하거나 거부합니다.

- SSH 트래픽이 수락되면 트래픽이 DRG로 경로 지정됩니다.

- 그러면 DRG는 올바른 스포크 VCN으로 트래픽을 라우팅합니다.

-

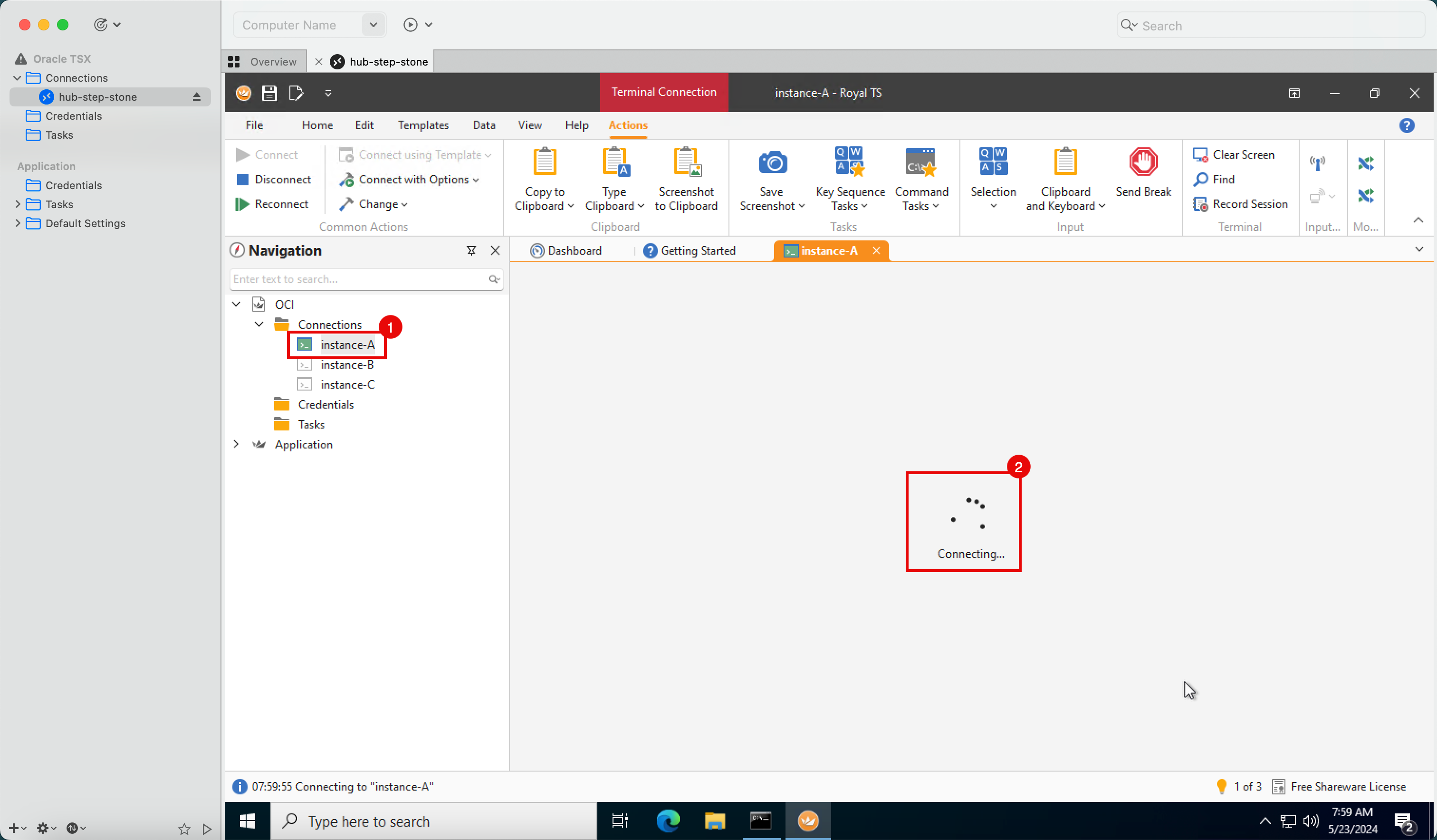

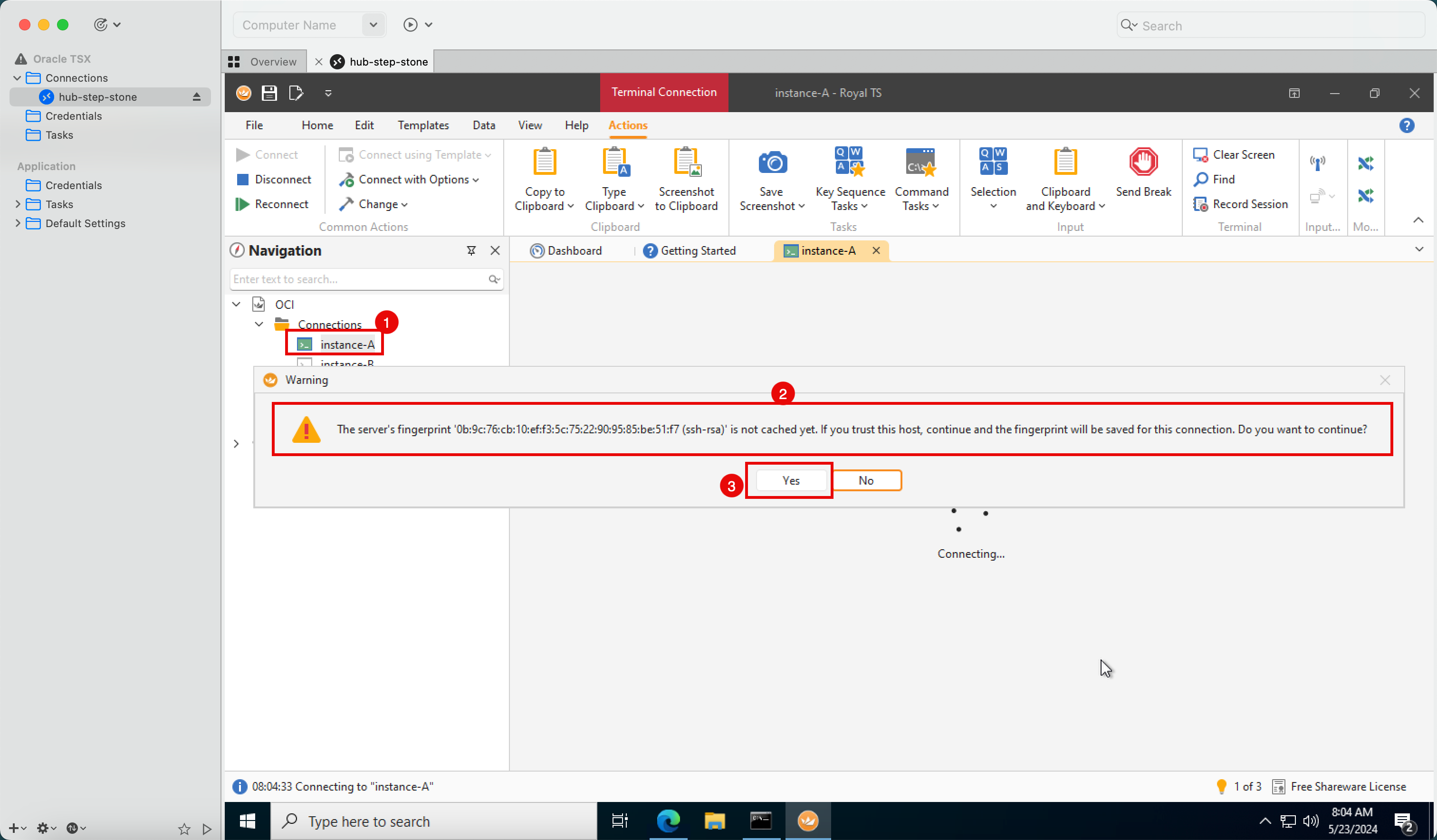

이 자습서에서는 Royal TSX 애플리케이션의 모든 SSH 세션을 미리 구성했습니다.

- 스포크 VCN A 인스턴스에 접속합니다.

- 연결을 통과하려고 시도하는 중입니다.

-

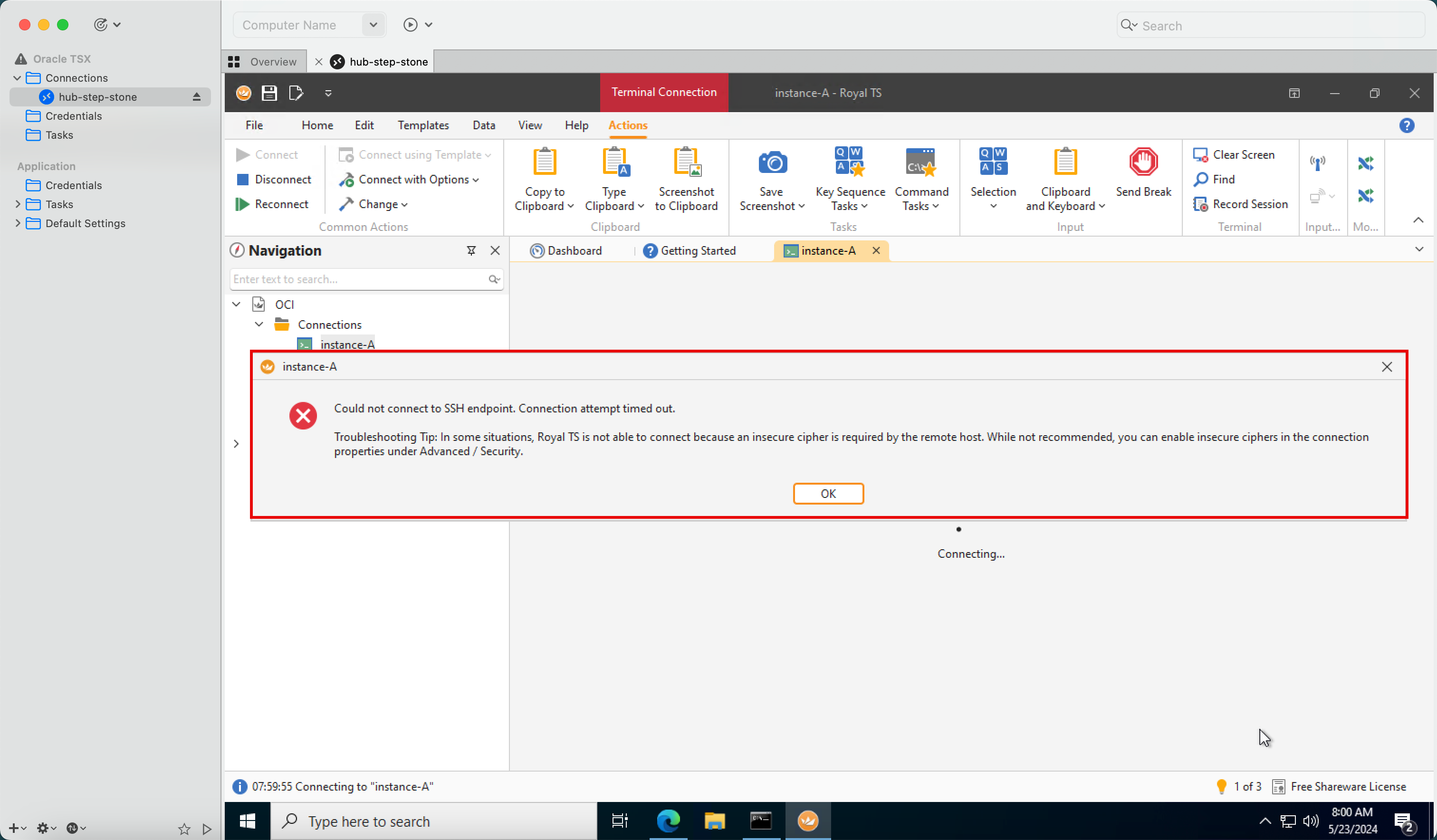

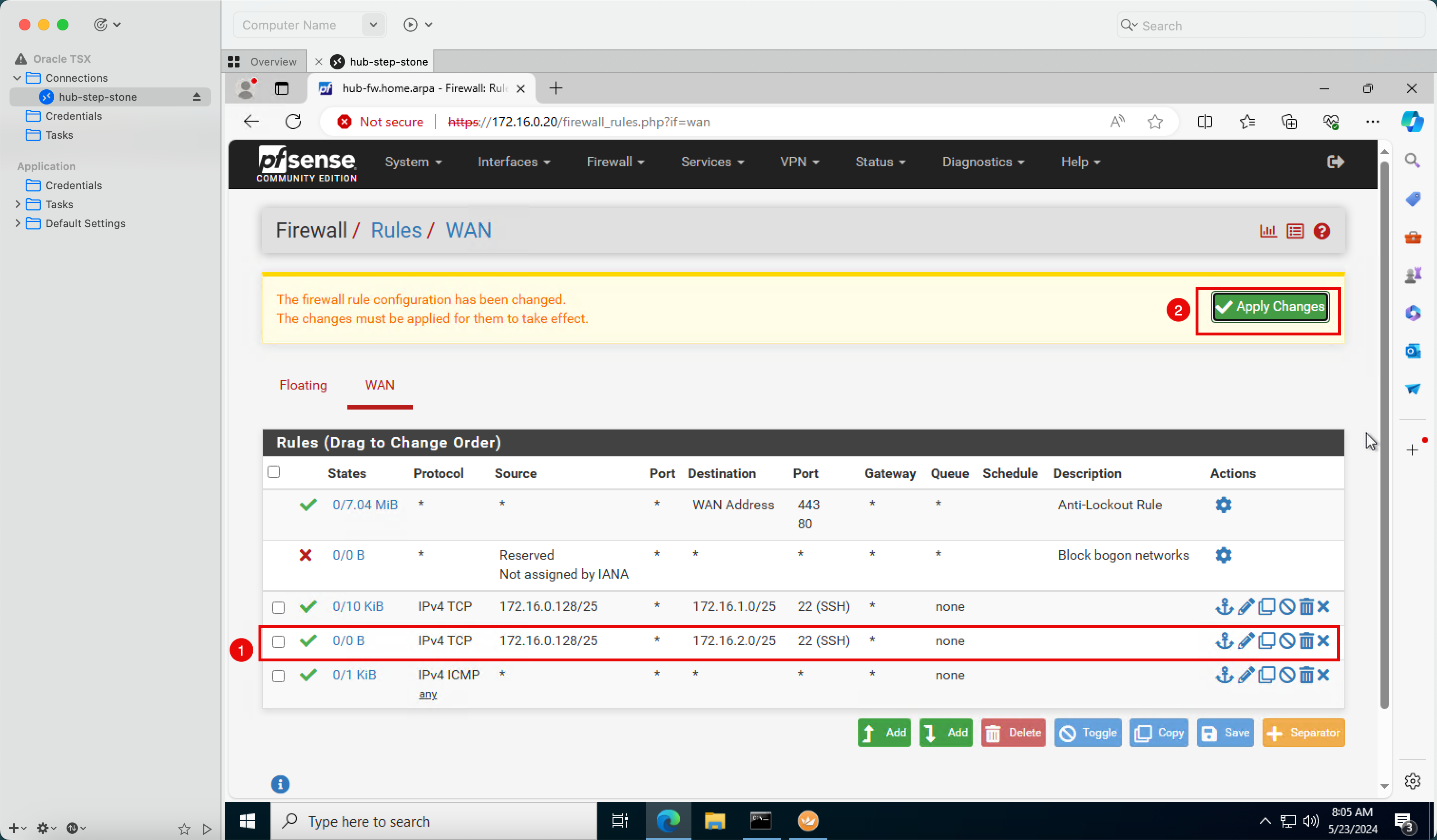

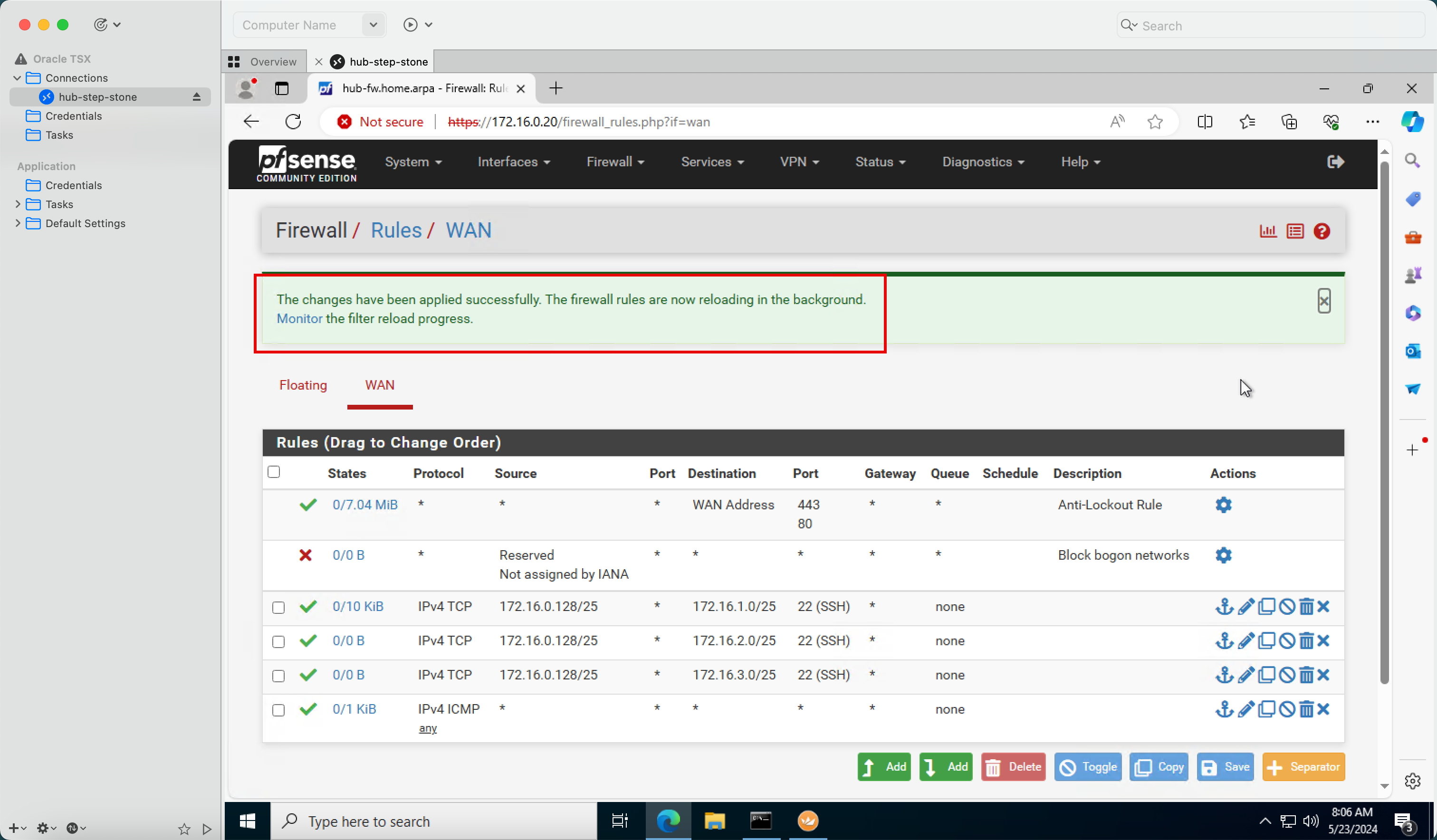

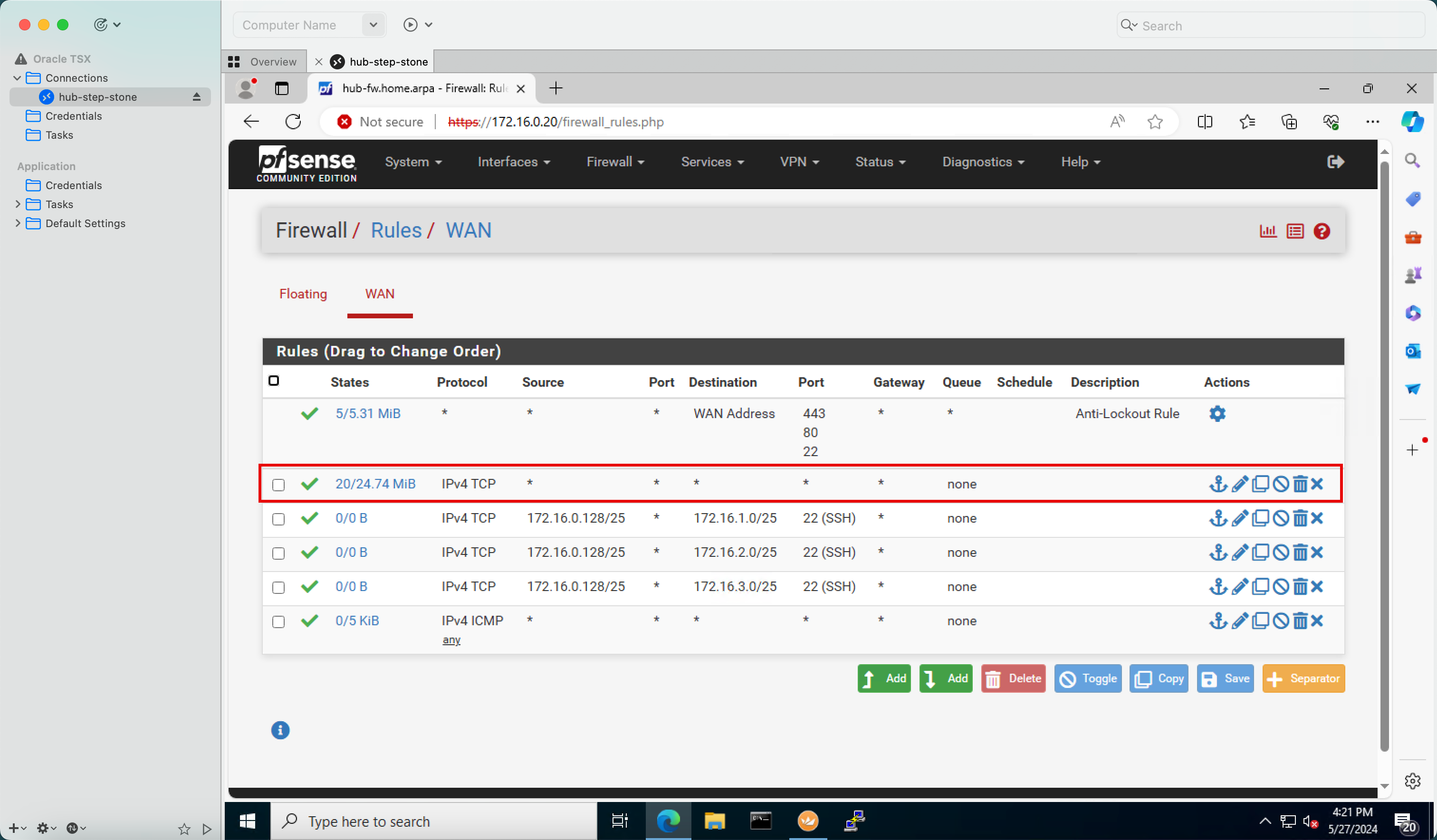

연결 시간이 초과되었습니다. 그 이유는 TCP/

22(SSH) 트래픽을 허용하는 방화벽이 pfSense 허브 방화벽에 방화벽 규칙이 없기 때문입니다.

-

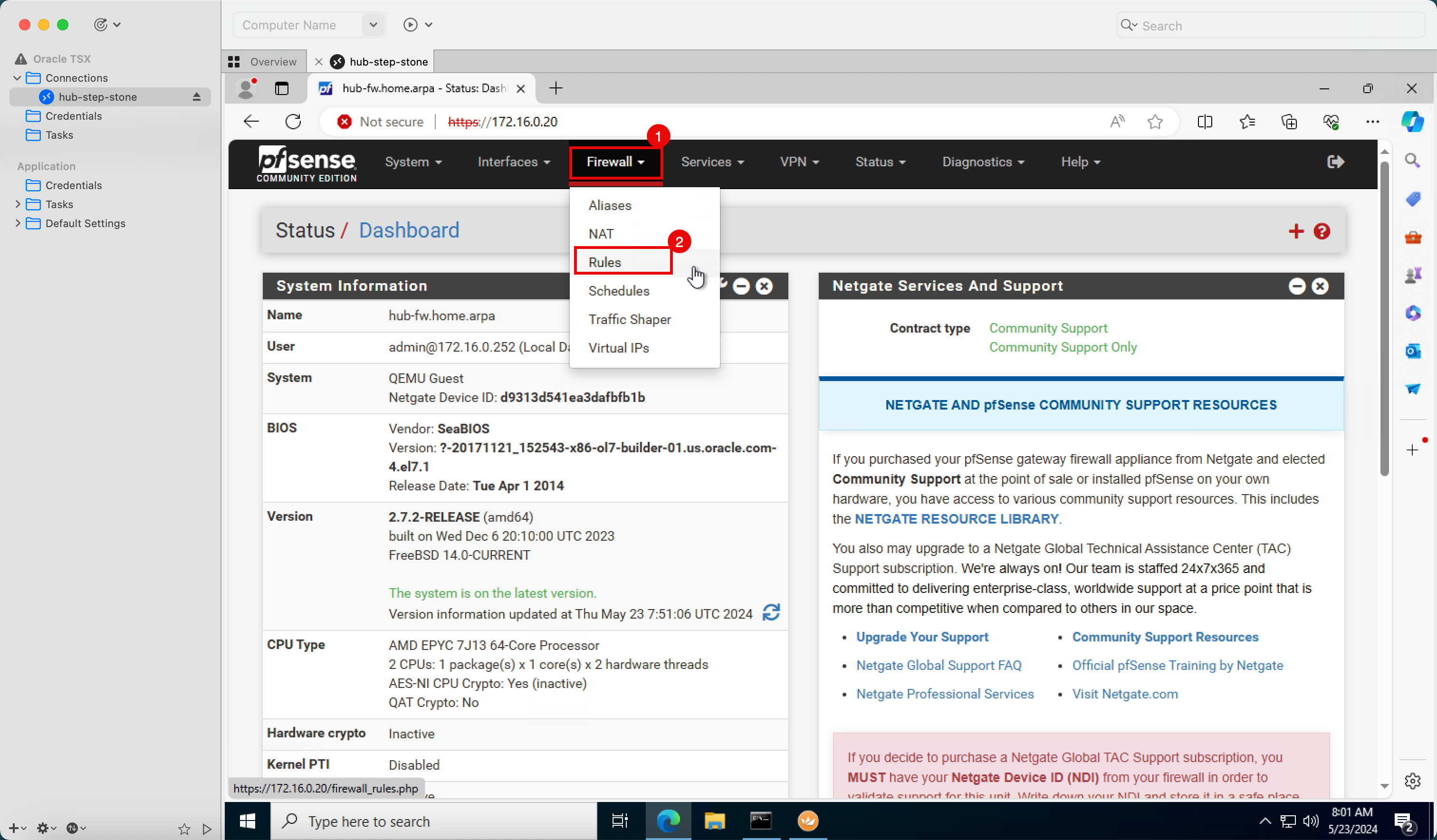

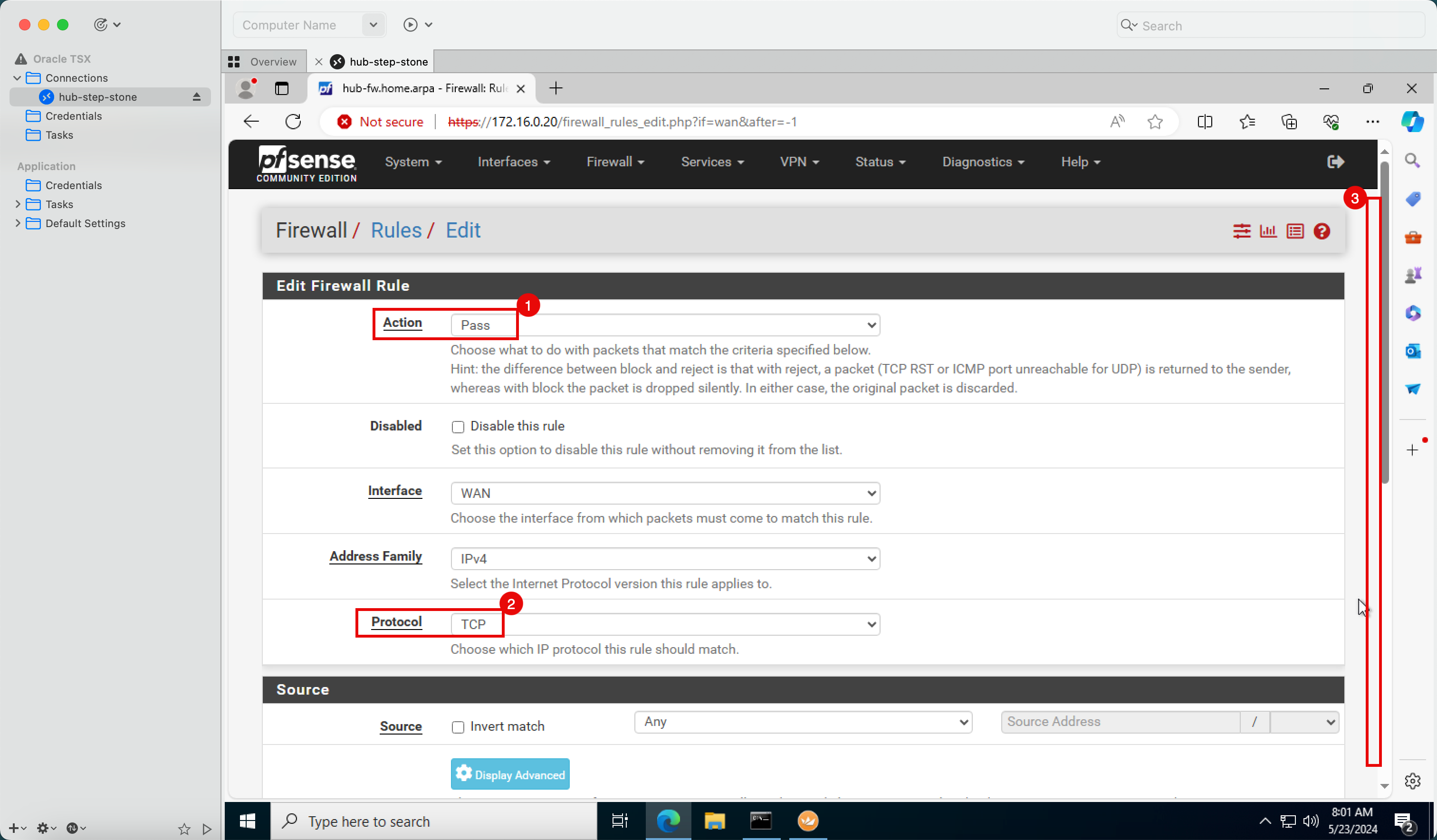

pfSense Management Console에 연결합니다.

- 방화벽 드롭다운 메뉴를 누릅니다.

- 규칙을 누릅니다.

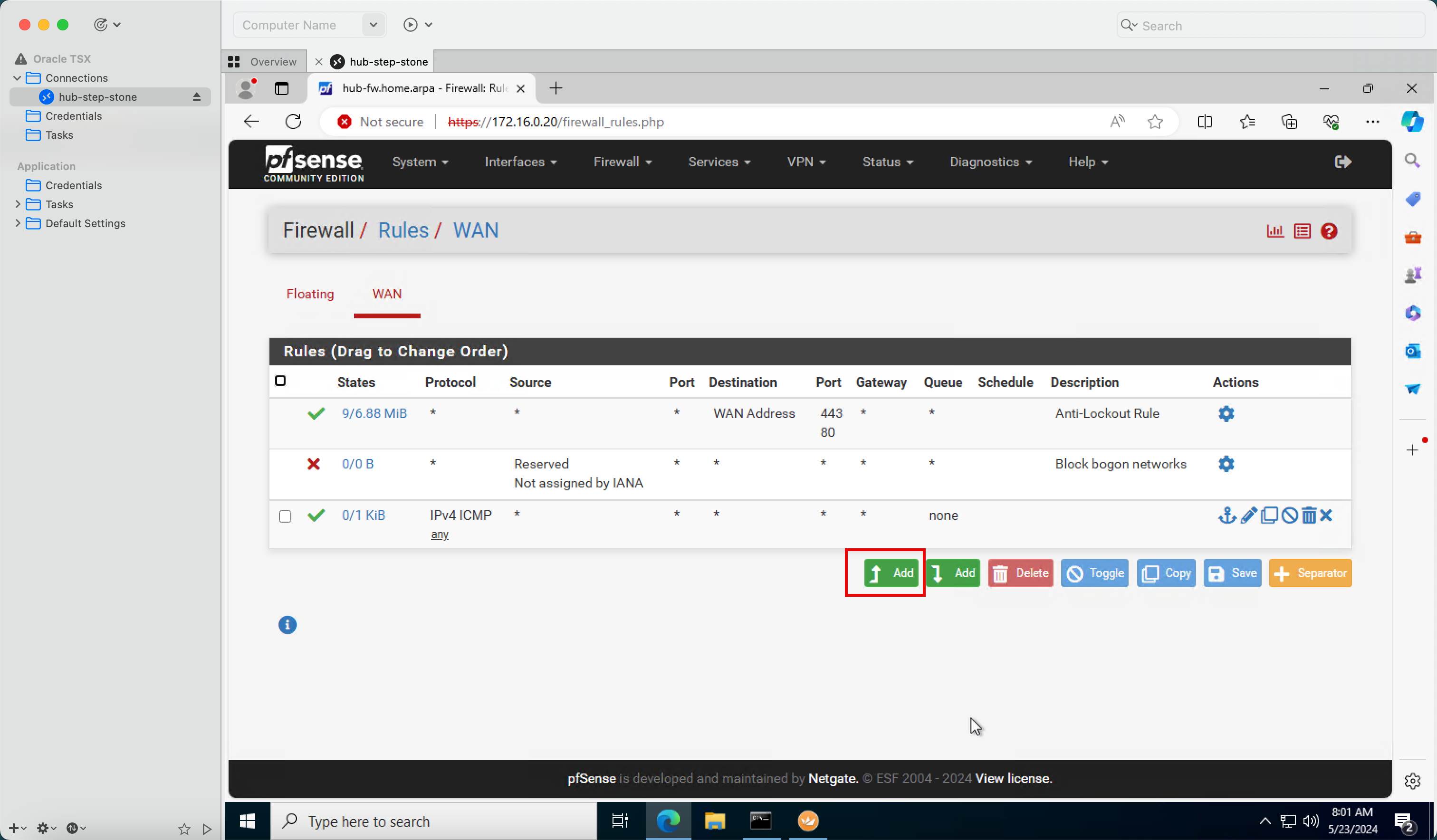

-

추가를 누릅니다.

- 작업에서 통과를 선택합니다.

- 프로토콜에서 TCP를 선택합니다.

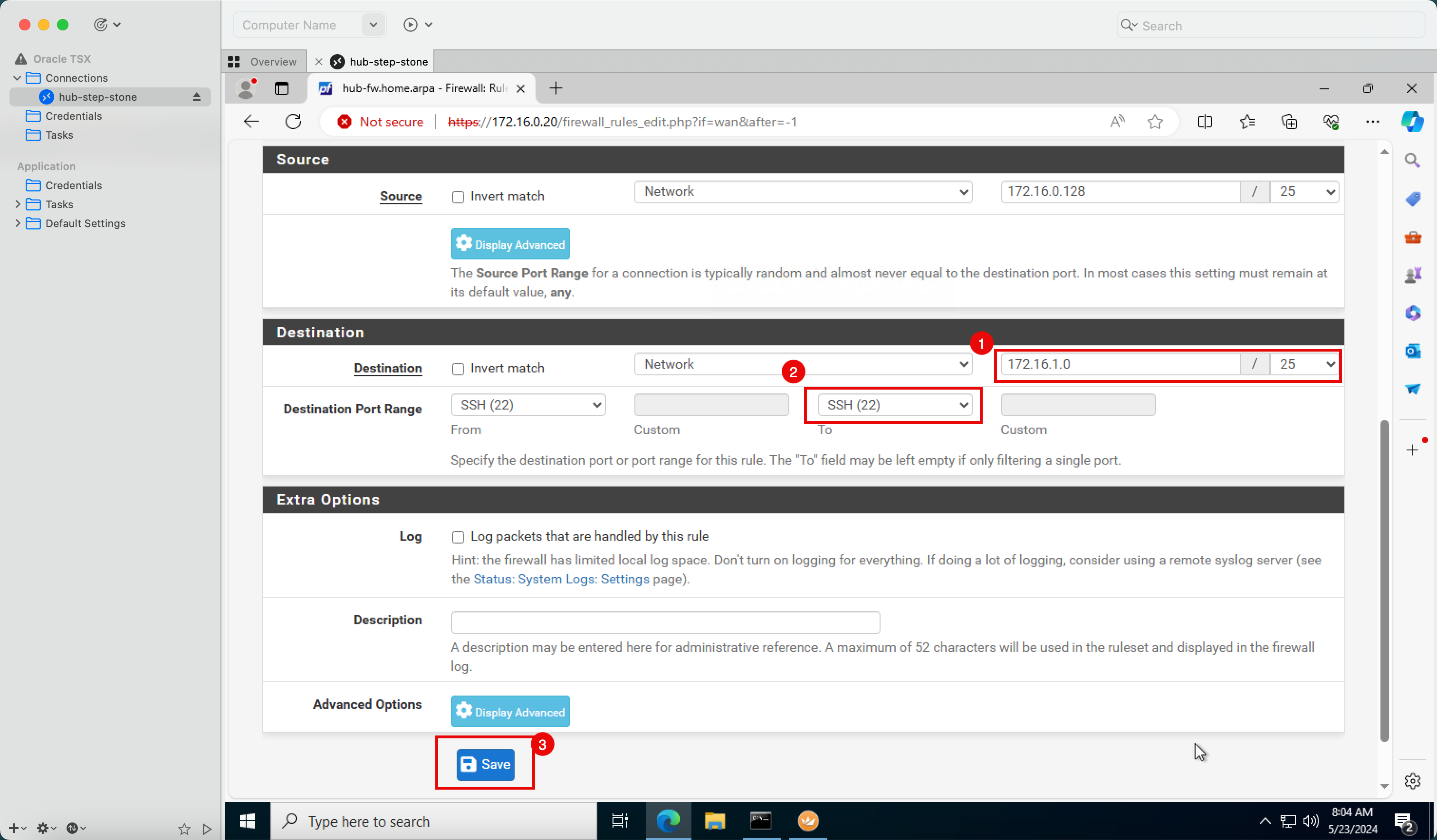

- 대상 네트워크에

172.16.1.0/25를 입력합니다. - 대상 포트 범위에서 SSH (22)를 선택합니다.

- Save를 누릅니다.

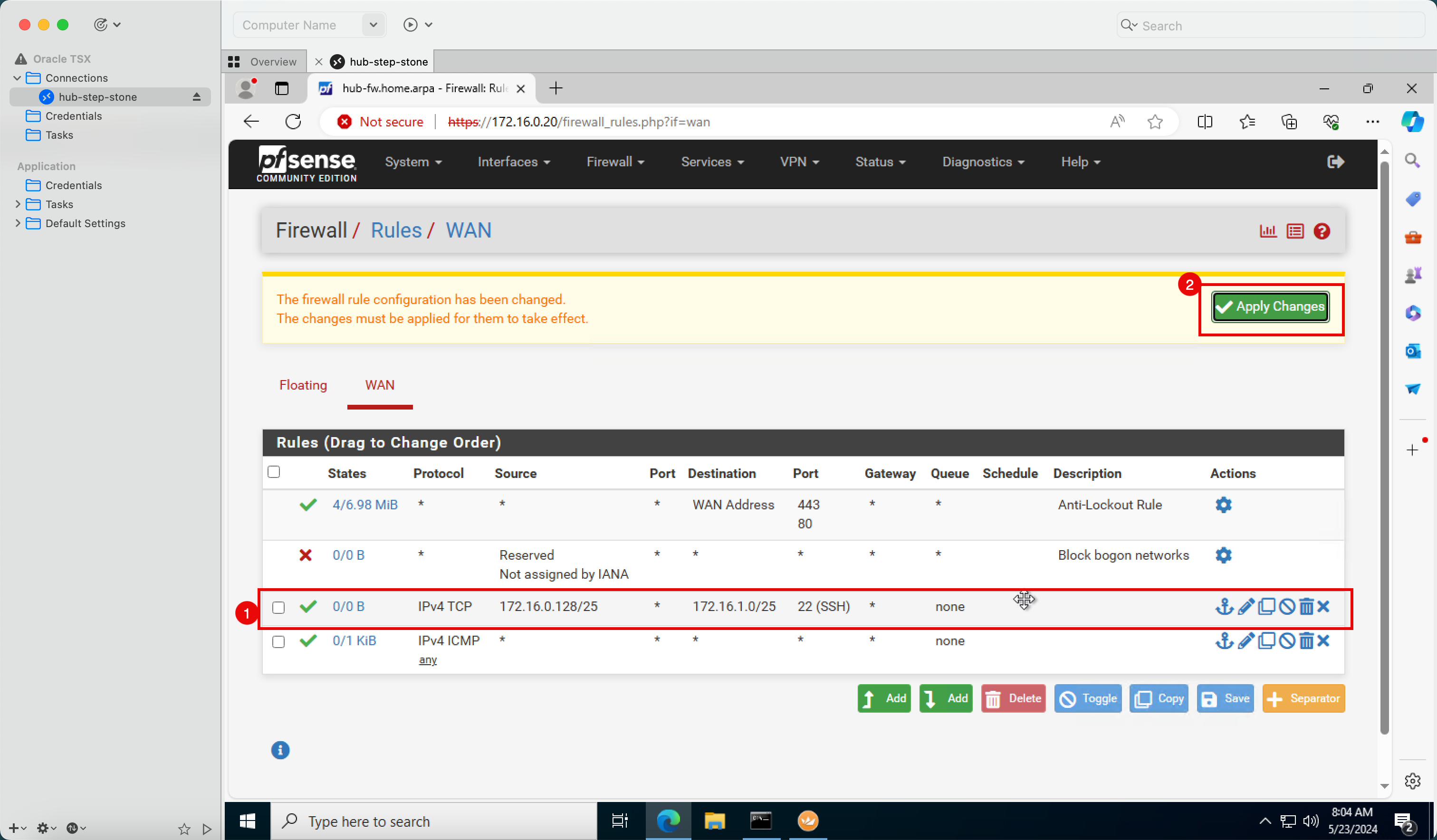

- 이제 방화벽 규칙이 제공되어 스포크 VCN A 네트워크에 SSH를 사용할 수 있습니다.

- 변경사항 적용을 누릅니다.

-

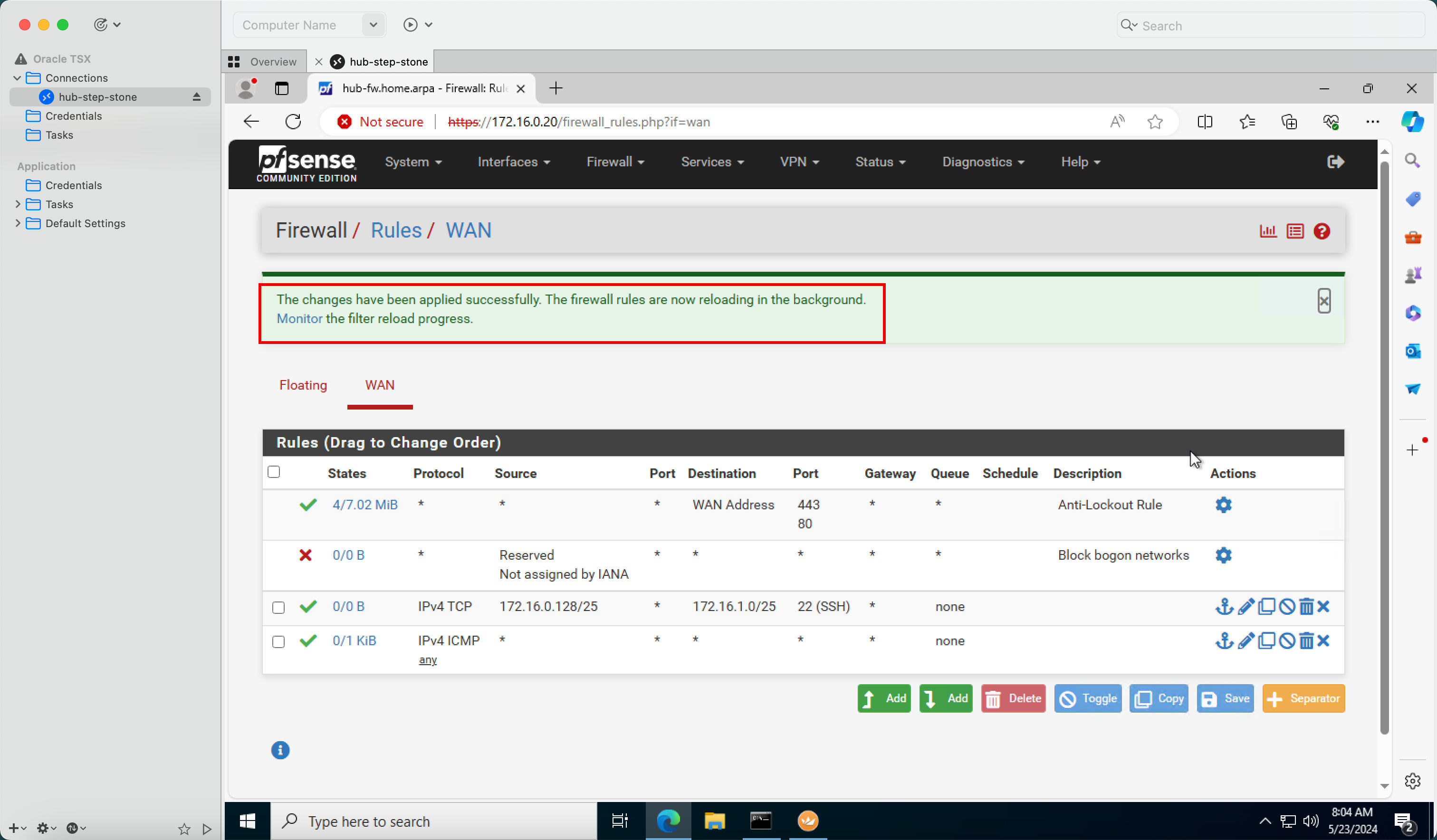

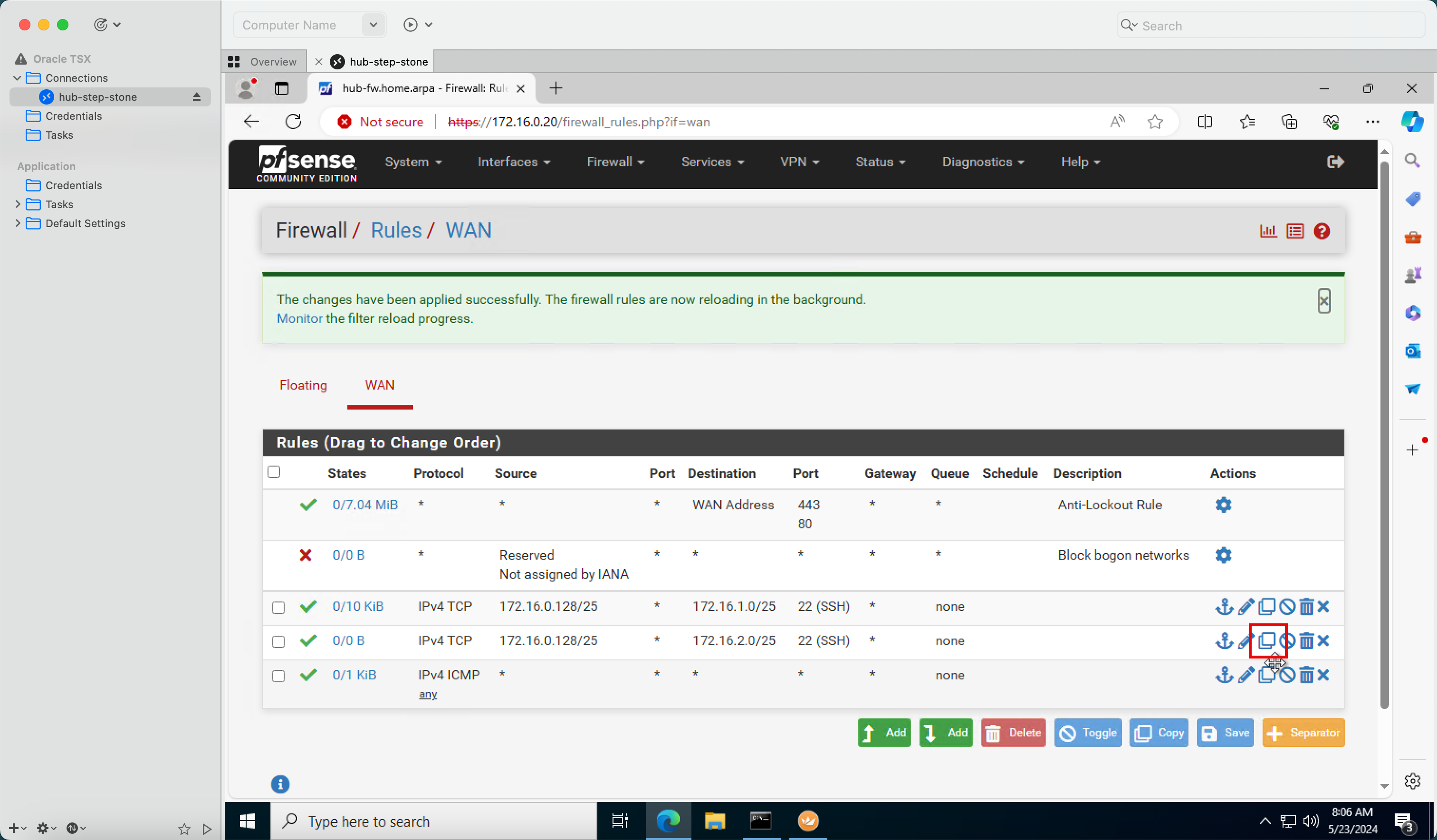

변경 사항이 성공적으로 적용되었음을 알 수 있습니다.

- 스포크 VCN A 인스턴스에 다시 접속합니다.

- VCN A 인스턴스에 대한 SSH 지문을 캐시하는 질문은 처음 연결이기 때문입니다.

- 예를 누릅니다.

-

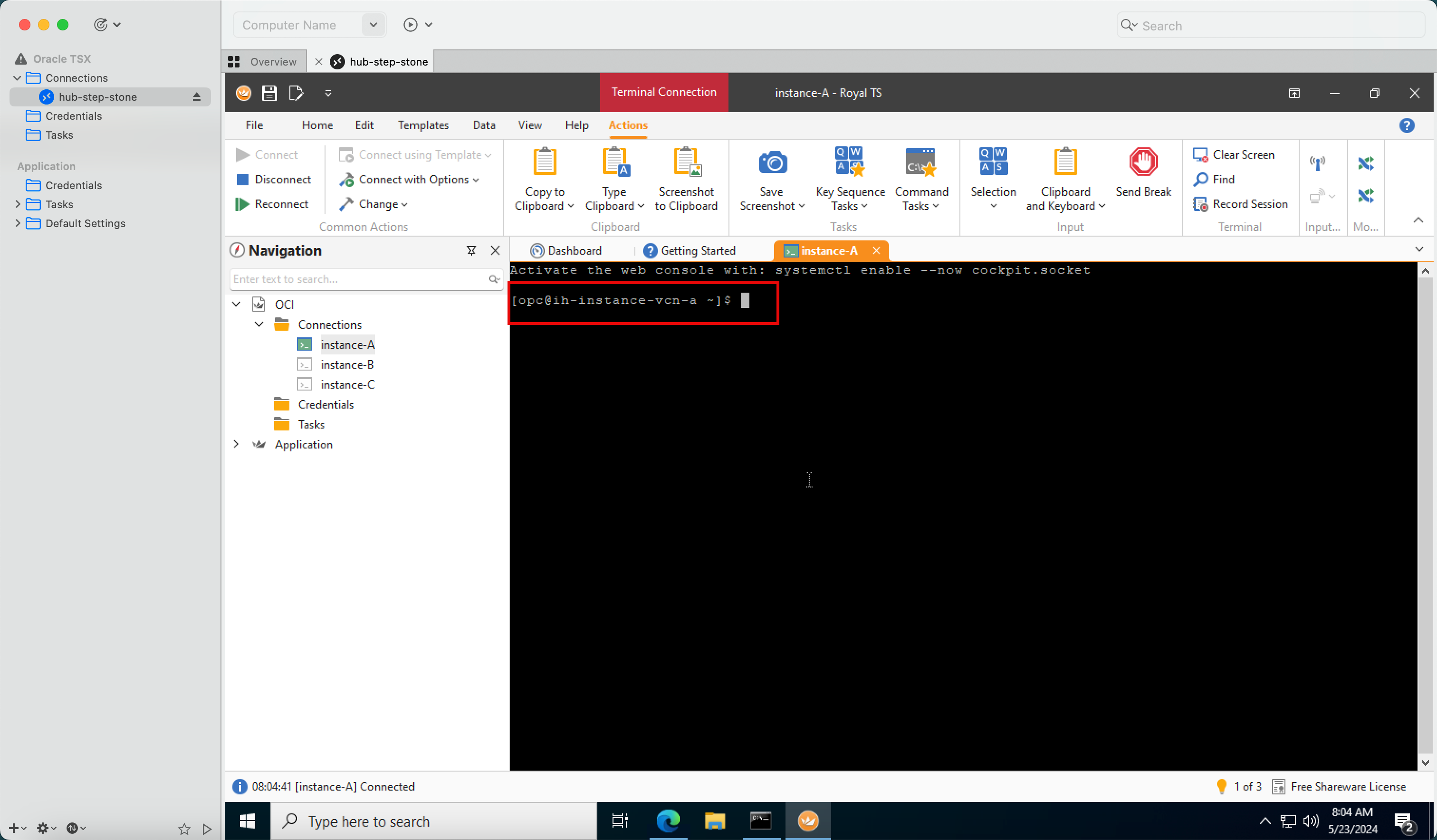

이제 SSH를 사용하는 스포크 A 인스턴스에 대한 hub-step-stone 연결에 성공했습니다.

-

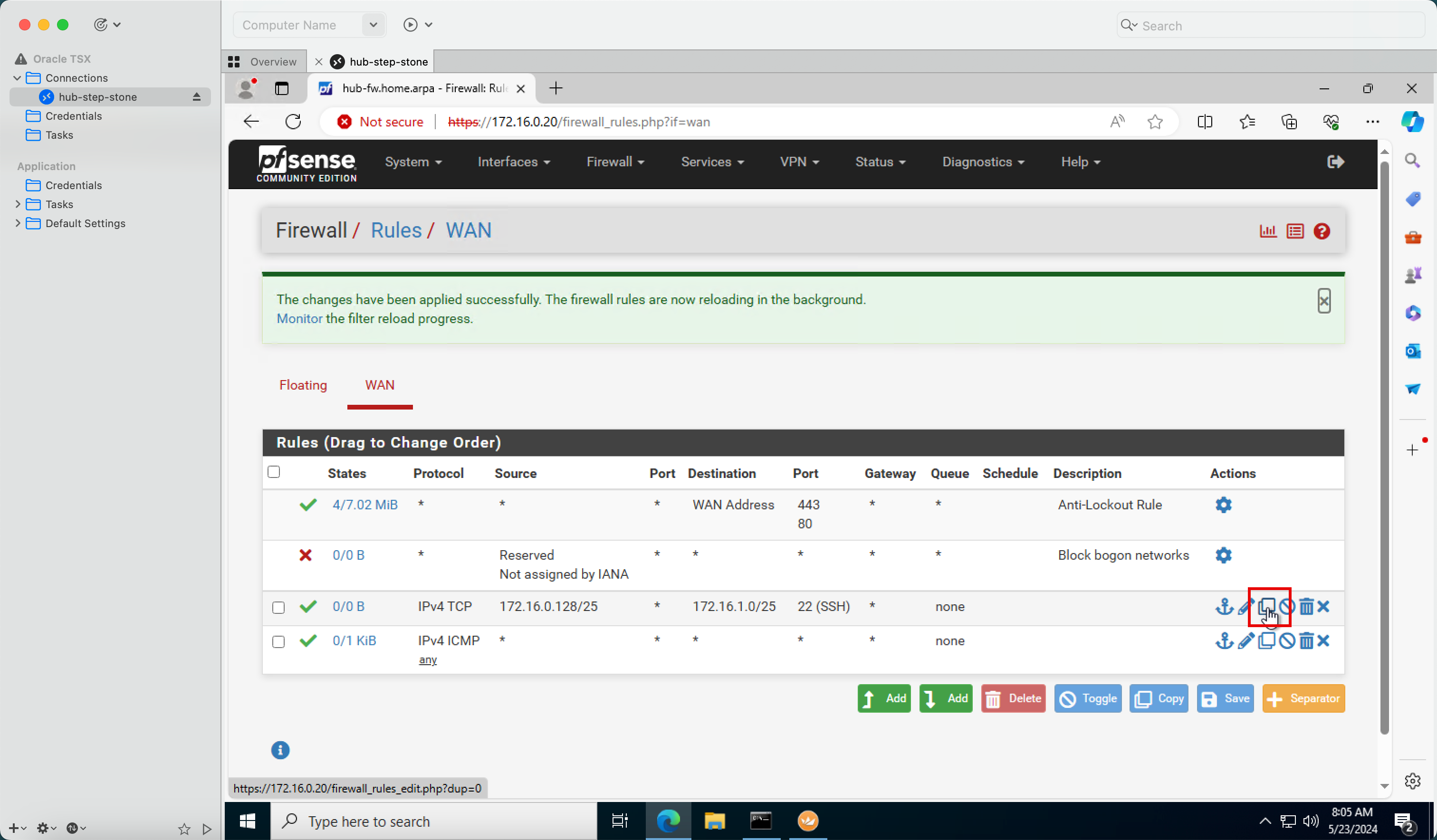

스포크 A 네트워크만 허용했지만 스포크 B 및 스포크 C 네트워크에 대한 규칙도 추가해야 합니다. psSense Management Console로 돌아갑니다.

-

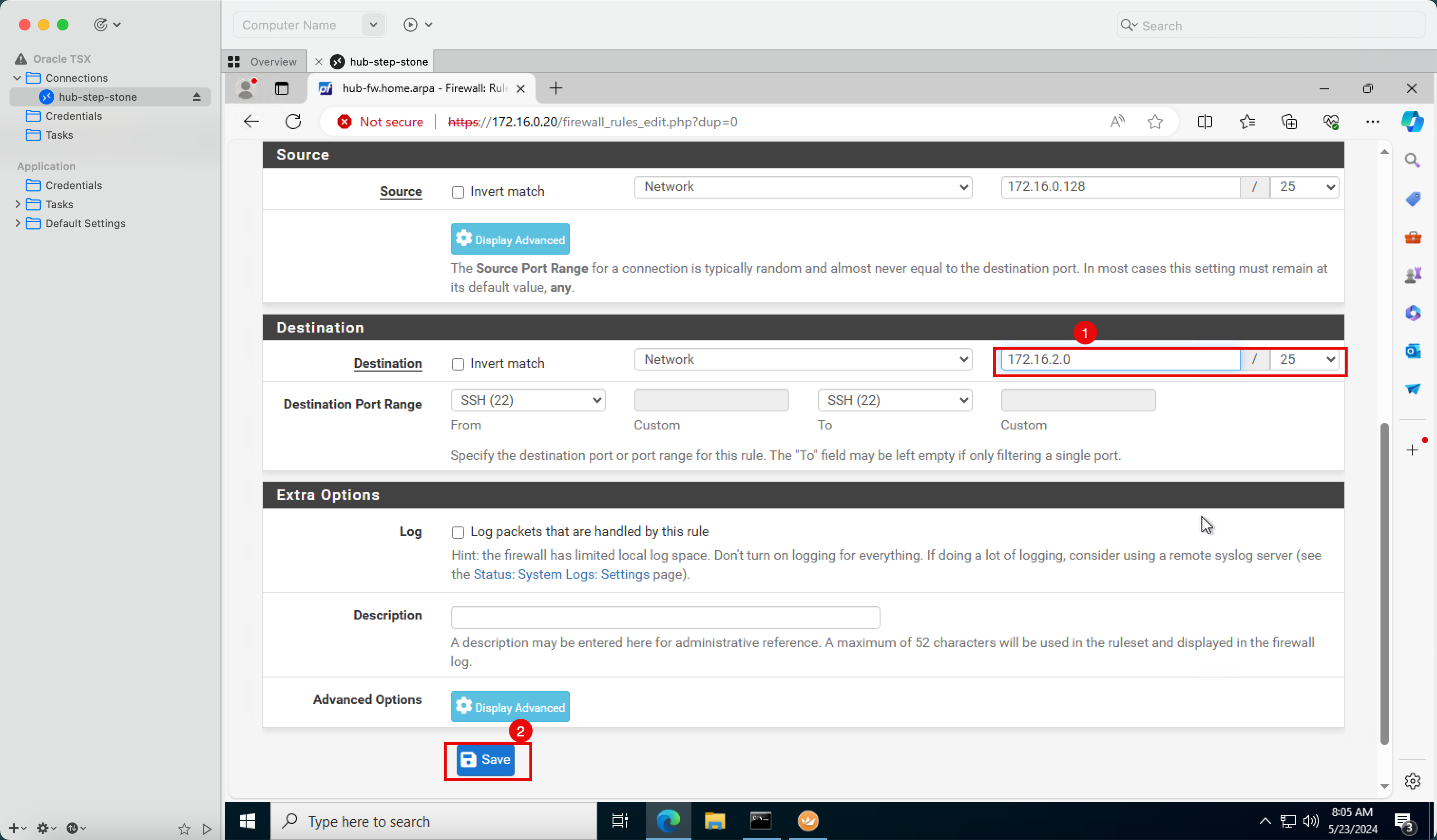

스포크 A VCN에 SSH를 허용하도록 생성한 규칙을 복제/복사/복제합니다.

- Destination을

172.16.2.0/25으로 변경합니다. - Save를 누릅니다.

- 이제 방화벽 규칙이 제공되어 스포크 VCN B 네트워크에 SSH를 사용할 수 있습니다.

- 변경사항 적용을 누릅니다.

- Destination을

-

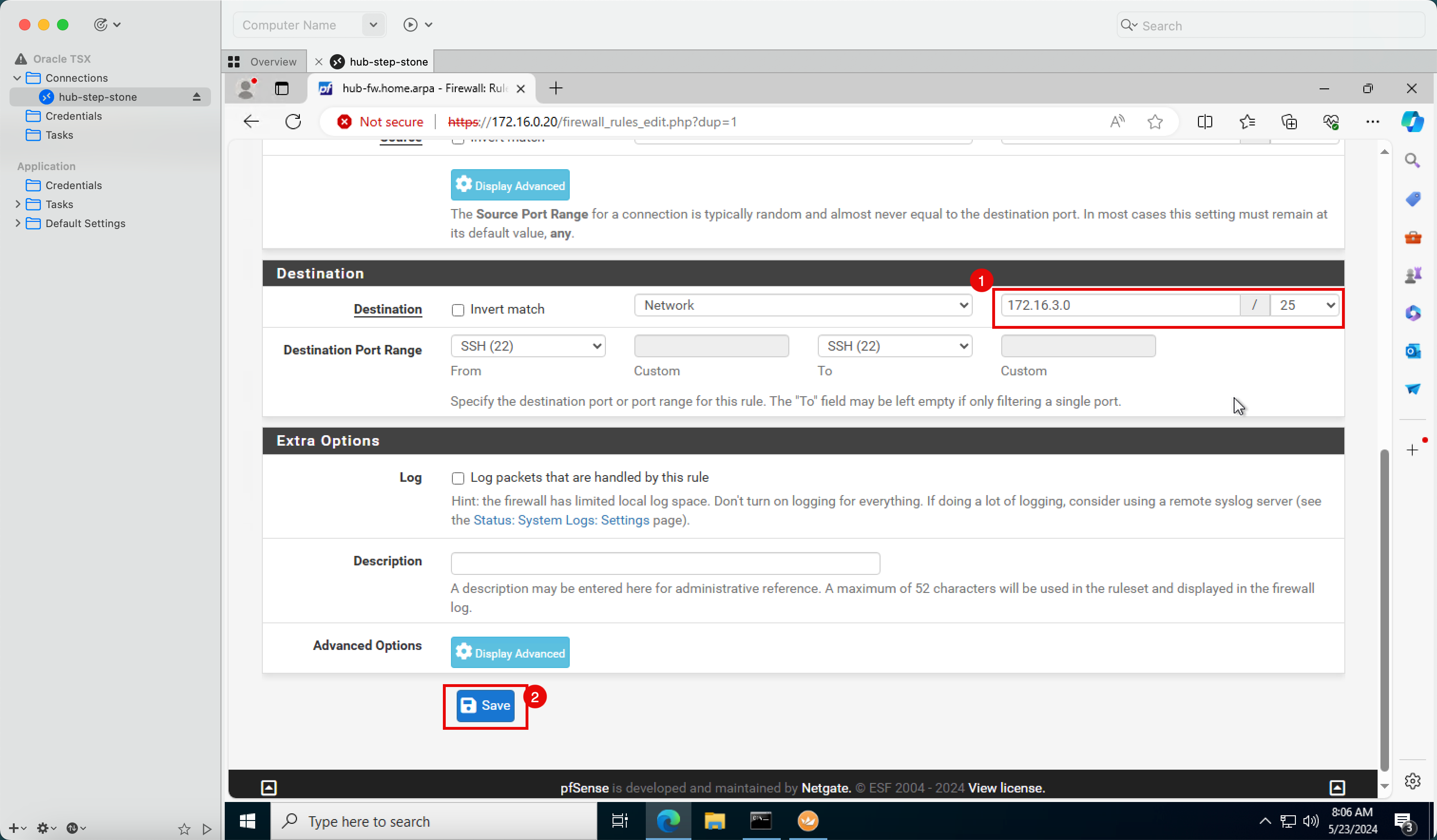

스포크 B VCN에 SSH를 허용하도록 생성한 규칙을 복제/복사/복제합니다.

- Destination을

172.16.3.0/25으로 변경합니다. - Save를 누릅니다.

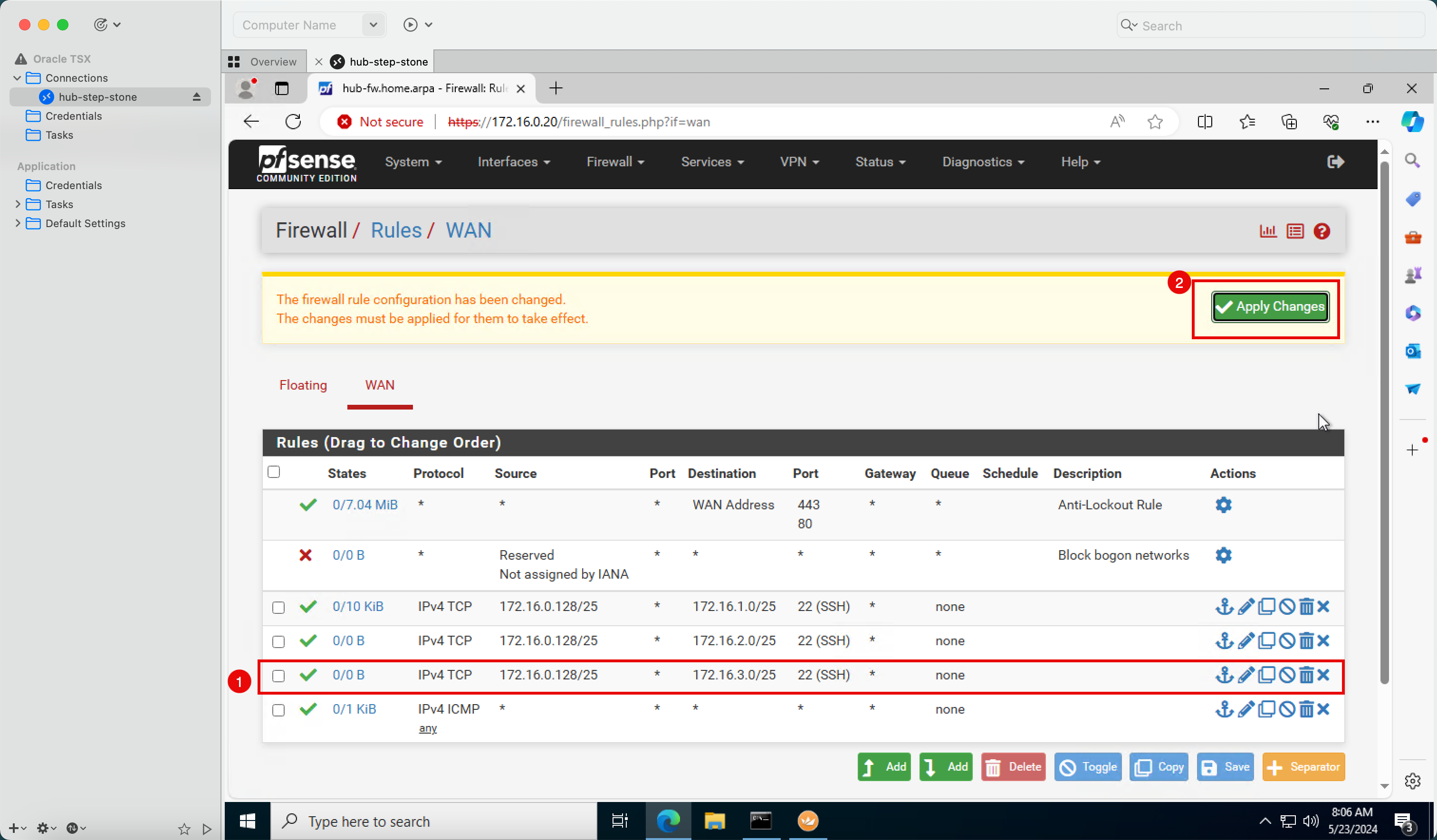

- 이제 방화벽 규칙이 제공되어 스포크 VCN C 네트워크에 SSH를 사용할 수 있습니다.

- 변경사항 적용을 누릅니다.

- Destination을

-

변경 사항이 성공적으로 적용되었음을 알 수 있습니다.

-

SSH를 사용하여 모든 스포크 인스턴스에 접속합니다.

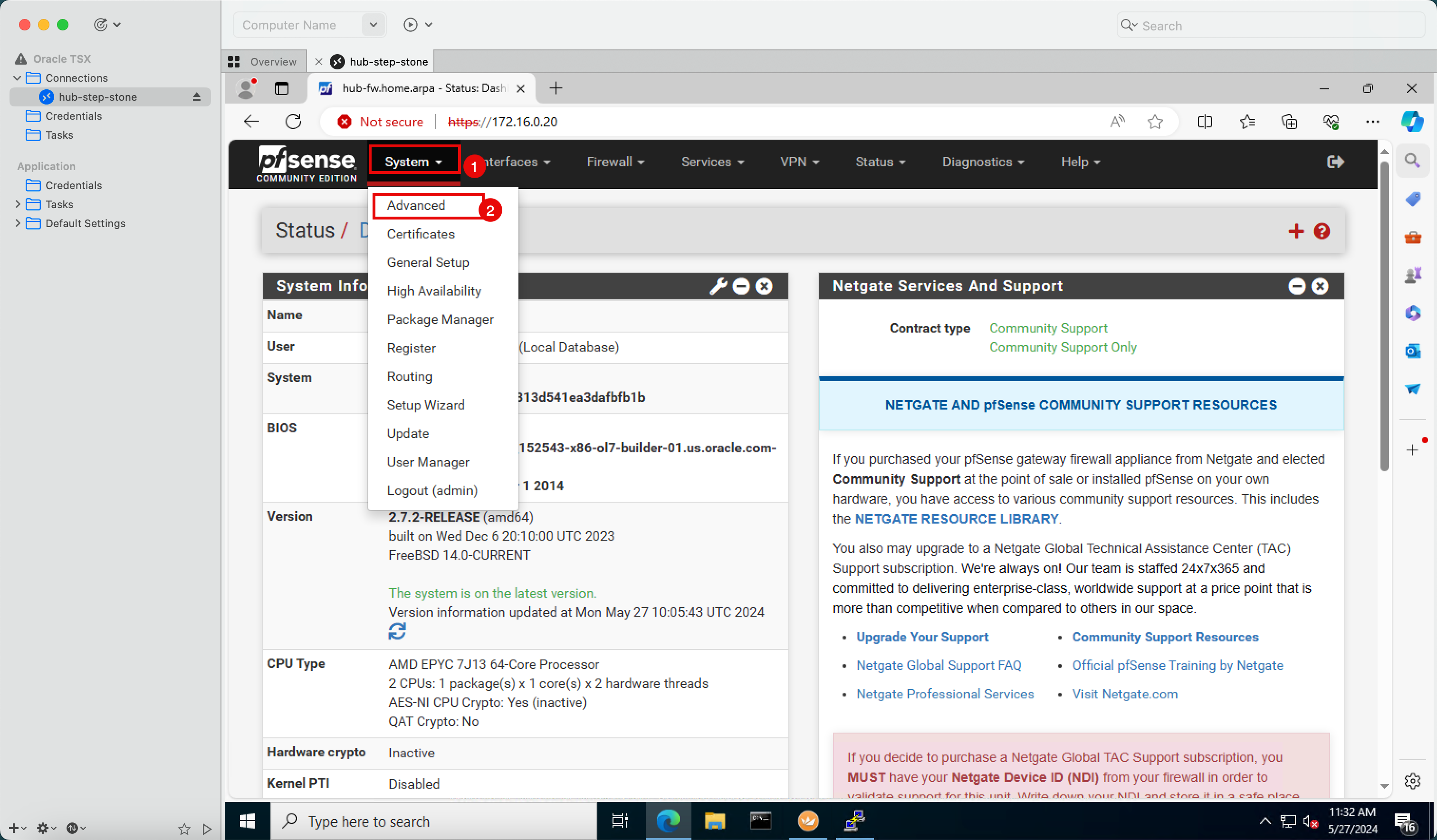

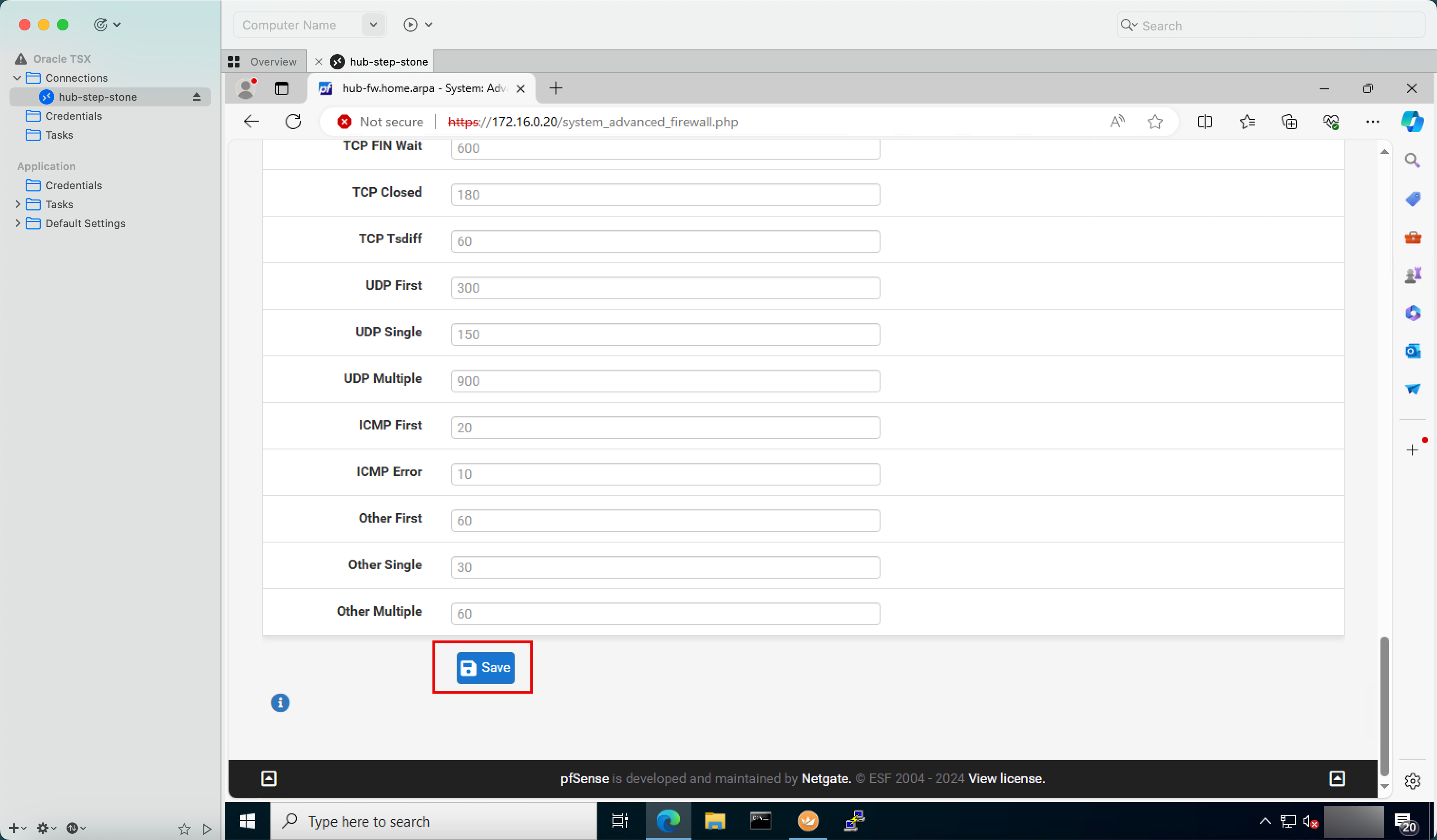

문제: SSH 세션이 몇 초 후에 종료됩니다. 약 10초 후에 SSH 연결이 끊어지는 것을 확인했으며 이 문제를 여러 레벨에서 해결했습니다. OCI의 보안 목록, OCI의 경로 지정 및 pfSense의 방화벽 규칙을 확인했습니다. 결국 SSH 삭제 문제는 pfSense와 관련이 있습니다.

-

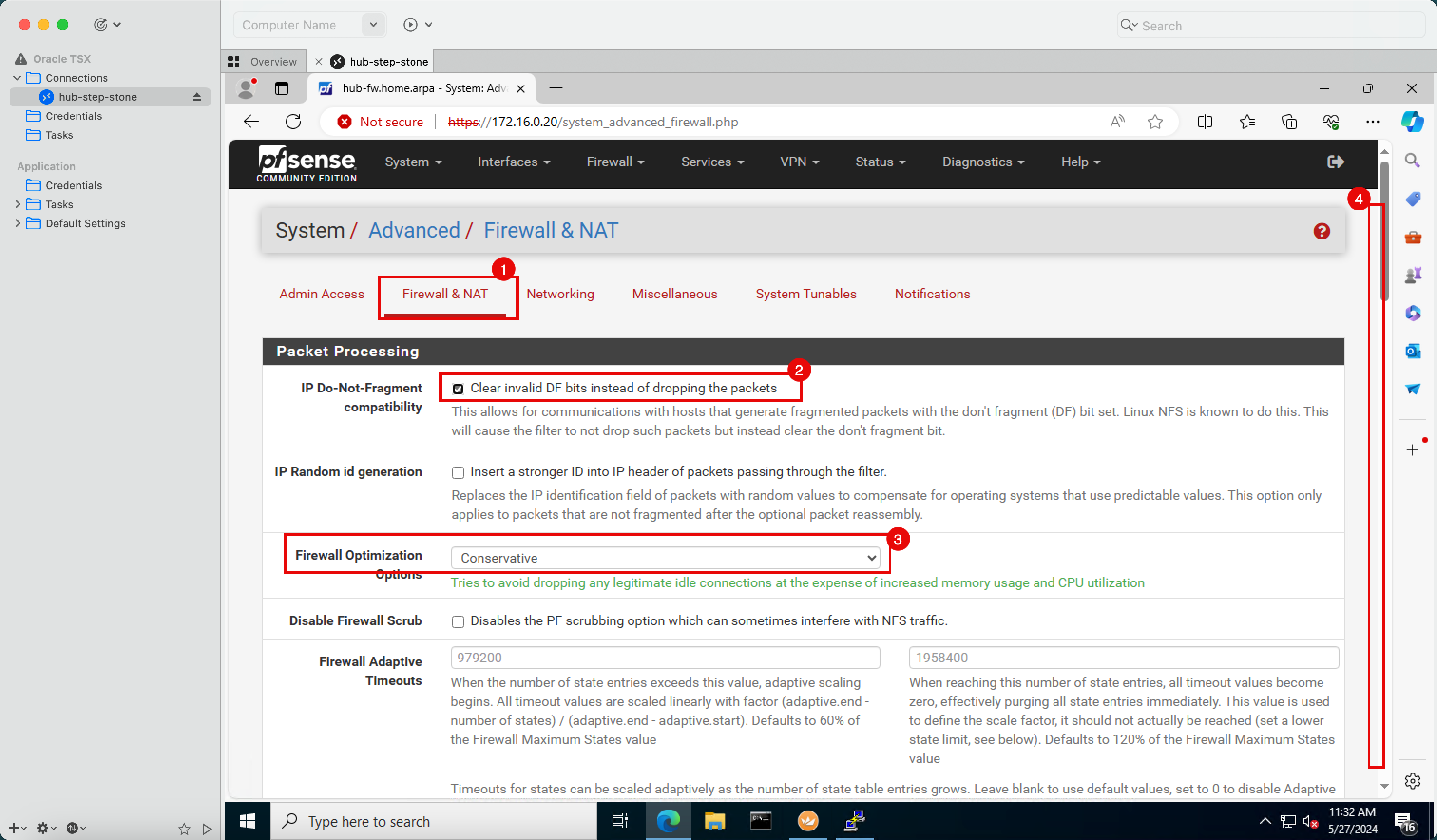

SSH 삭제 문제를 해결하려면 pfSense Management Console로 이동합니다.

- System(시스템) 드롭다운 메뉴를 누릅니다.

- 고급을 누릅니다.

- 방화벽 및 NAT를 누릅니다.

- 패킷을 삭제하는 대신 부적합한 DF 비트 지우기를 선택합니다.

- 방화벽 최적화에서 보수를 선택합니다.

- 아래로.

-

Save를 누릅니다.

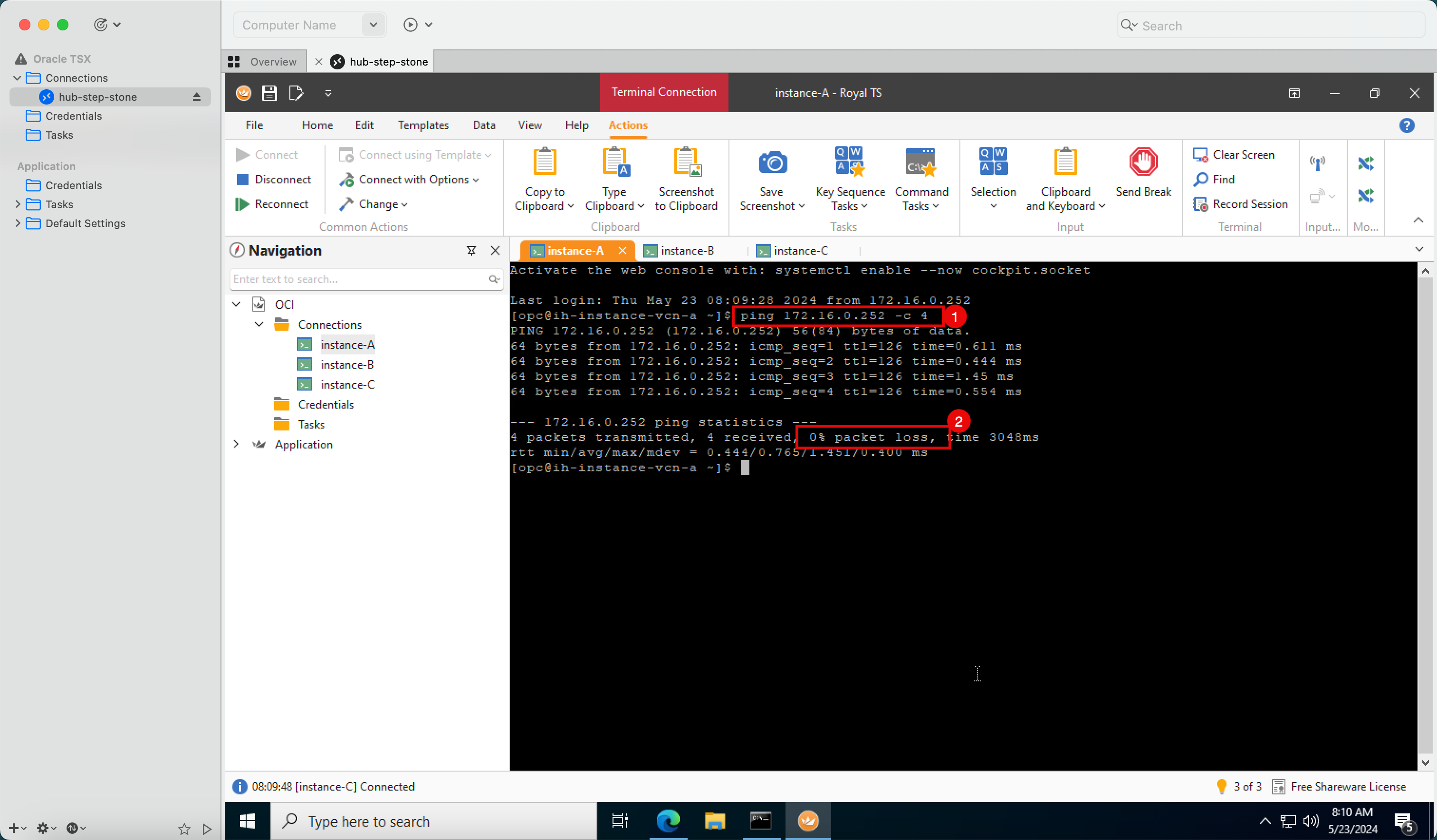

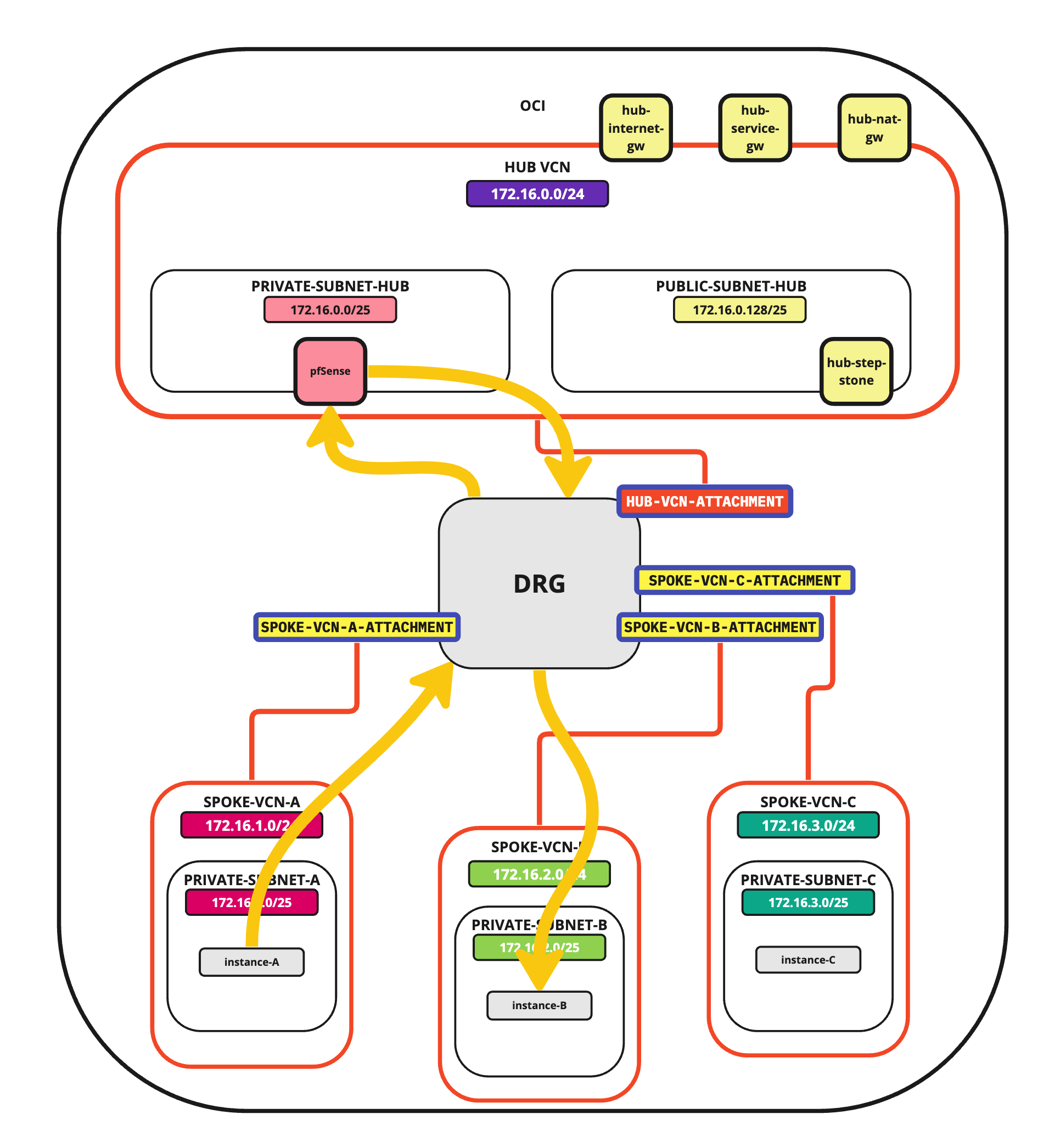

작업 8.4: 스포크 VCN에서 허브 VCN으로 핑

이제 스포크에서 안정적으로 연결되어 스포크 VCN 인스턴스에서 일부 핑 테스트를 수행할 수 있습니다.

-

경로 지정 구성으로 인해:

- 트래픽이 DRG로 전송됩니다.

- 그러면 DRG는 트래픽을 pfSense 방화벽으로 라우팅합니다.

- pfSense 방화벽은 구성된 방화벽 규칙에 따라 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 허브 단계 스톤으로 라우팅됩니다.

- 스포크 A VCN 인스턴스에서 허브 단계 스톤으로 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

- 스포크 B VCN 인스턴스에서 허브 단계 스톤으로 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

- 스포크 C VCN 인스턴스에서 허브 단계 스톤으로 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

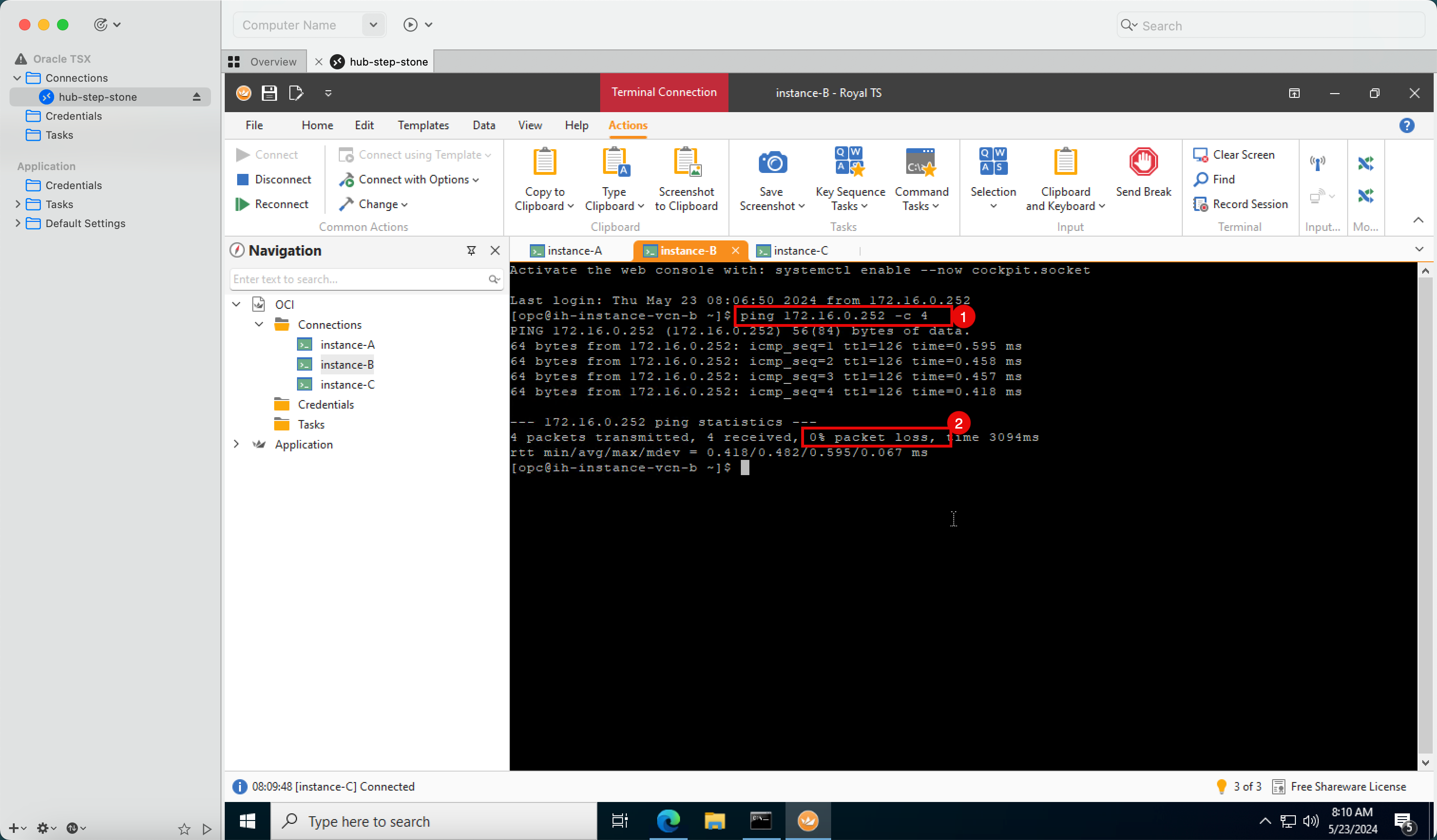

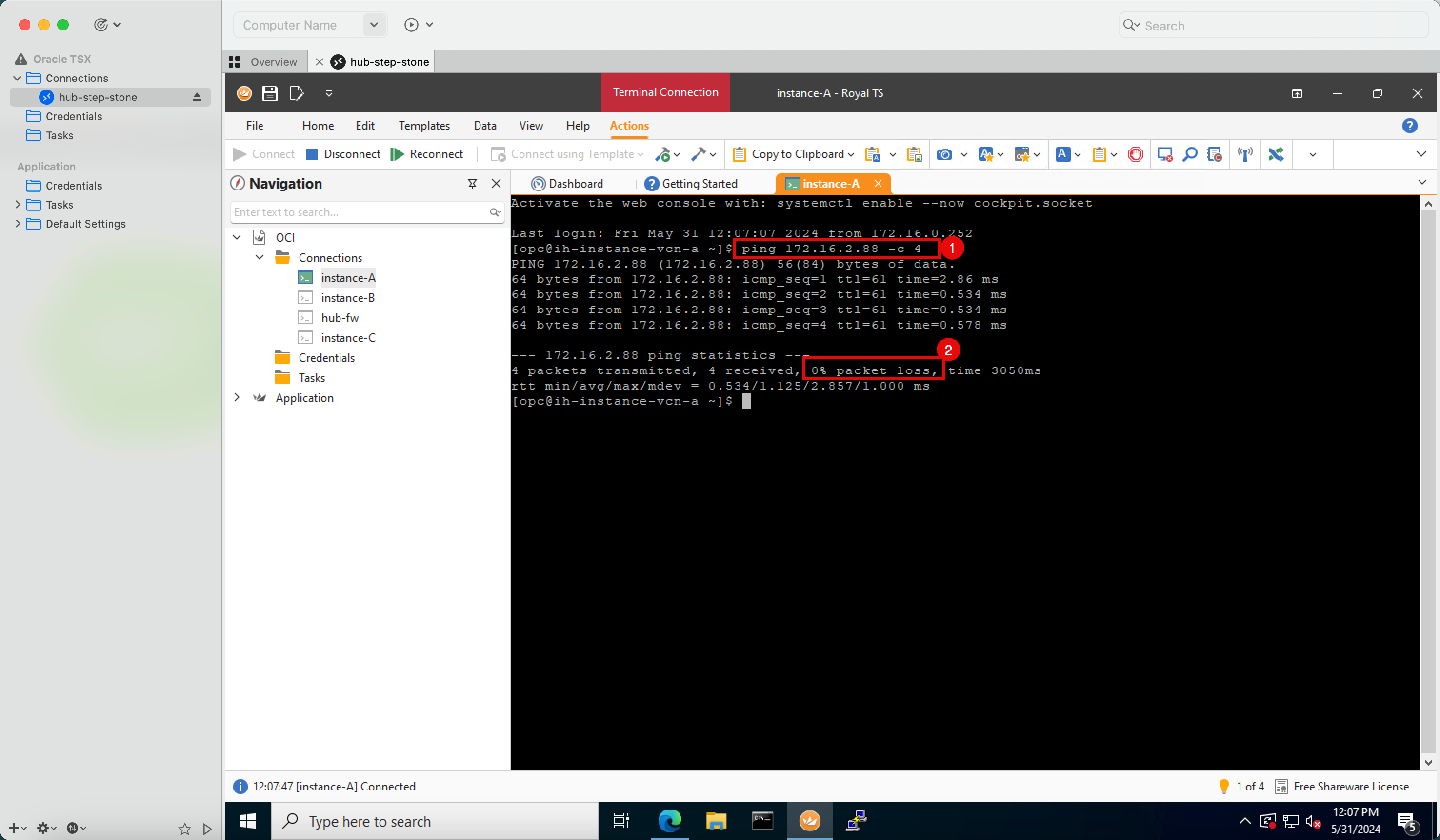

작업 8.5: 스포크 VCN A에서 스포크 VCN B로 핑

우리가 할 수있는 또 다른 핑 테스트는 한 말에서 다른 말로하는 것입니다.

-

경로 지정 구성으로 인해:

- 트래픽이 스포크 VCN A에서 DRG로 전송됩니다.

- 그러면 DRG는 트래픽을 pfSense 방화벽으로 라우팅합니다.

- pfSense 방화벽은 구성된 방화벽 규칙에 따라 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 다시 DRG로 라우팅됩니다.

- DRG는 스포크 VCN B로 트래픽을 라우팅합니다.

- 스포크 A VCN 인스턴스에서 스포크 B VCN 인스턴스에 대해 핑을 수행합니다.

- 패킷 손실이 0%이므로 핑이 성공합니다.

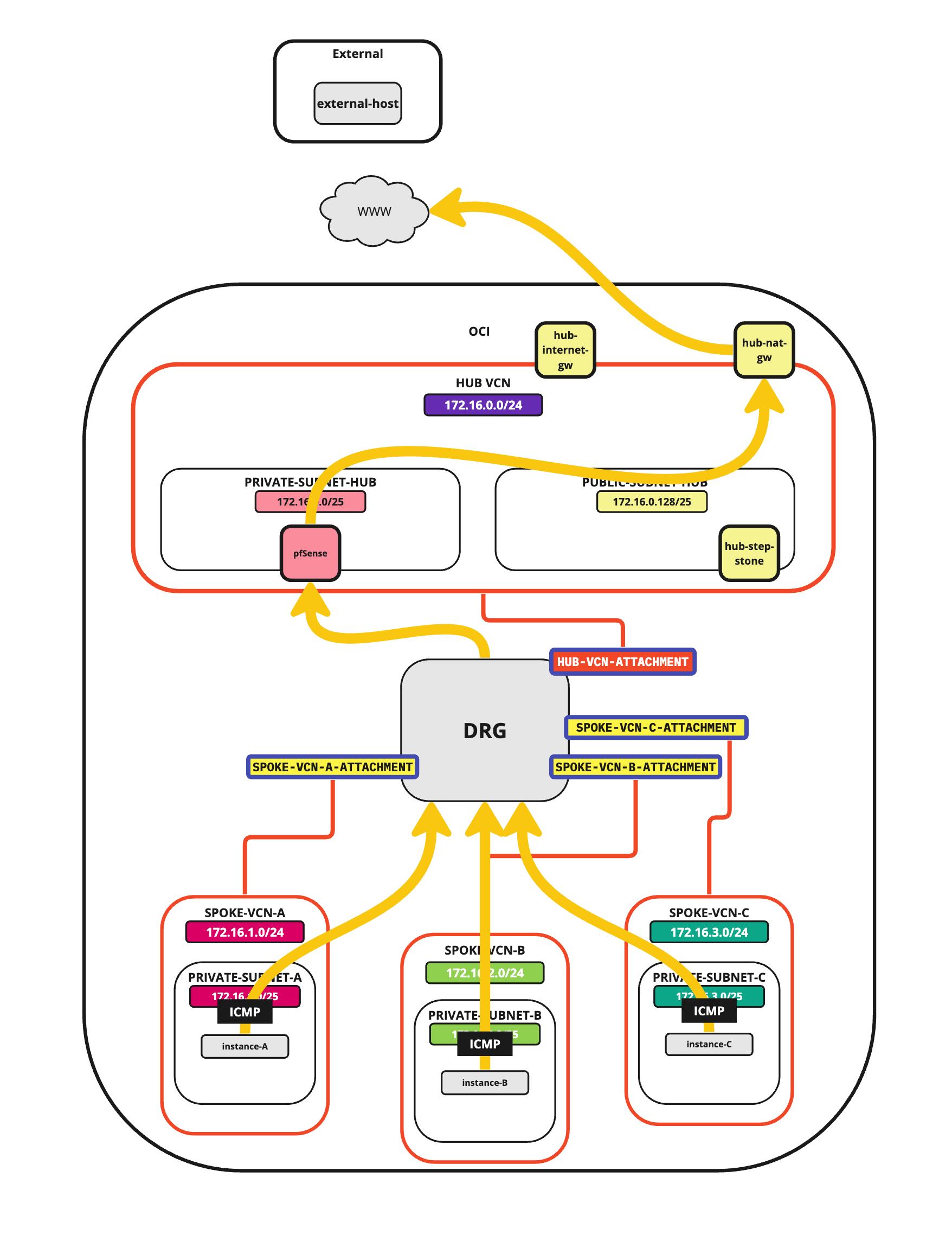

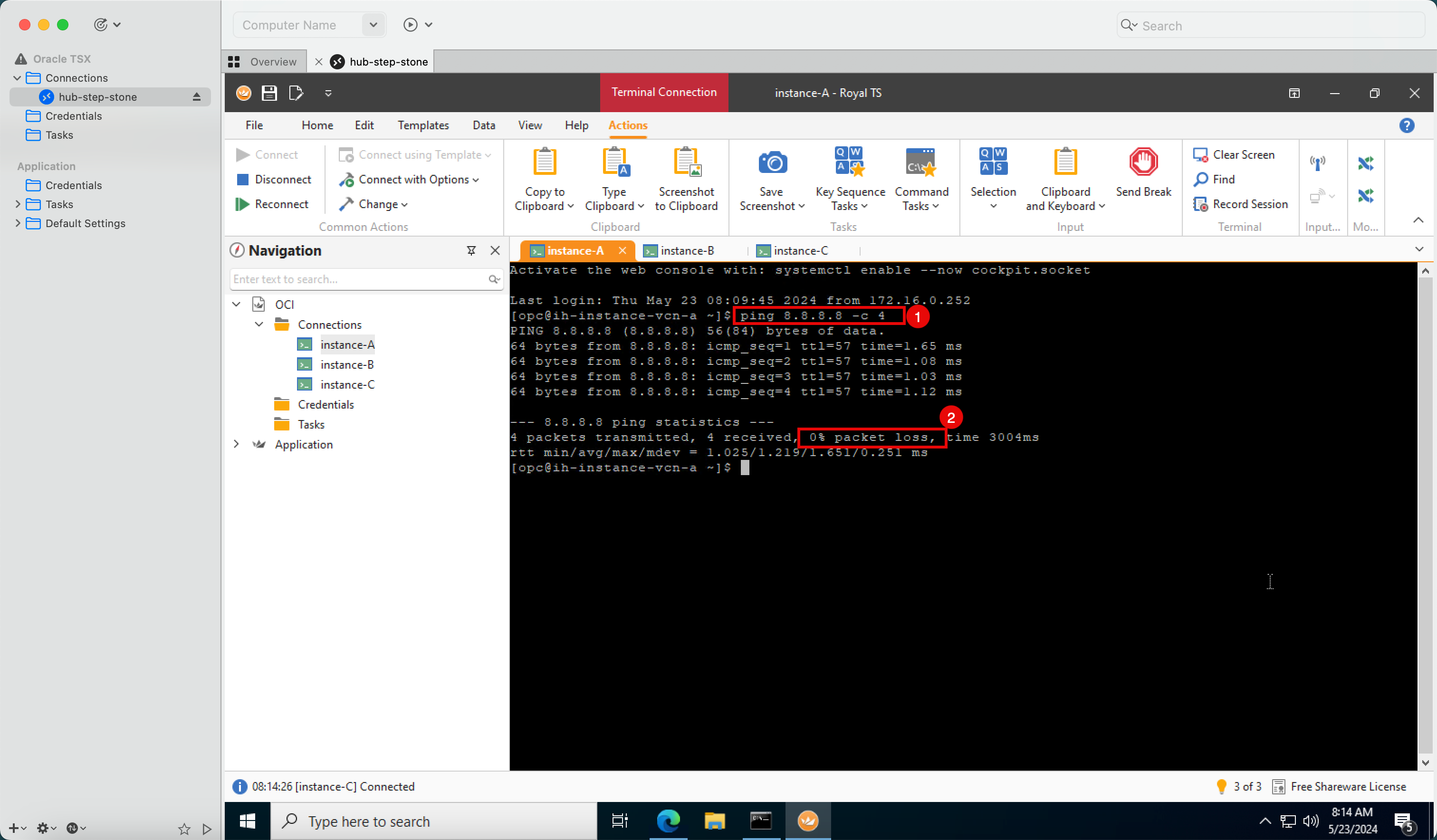

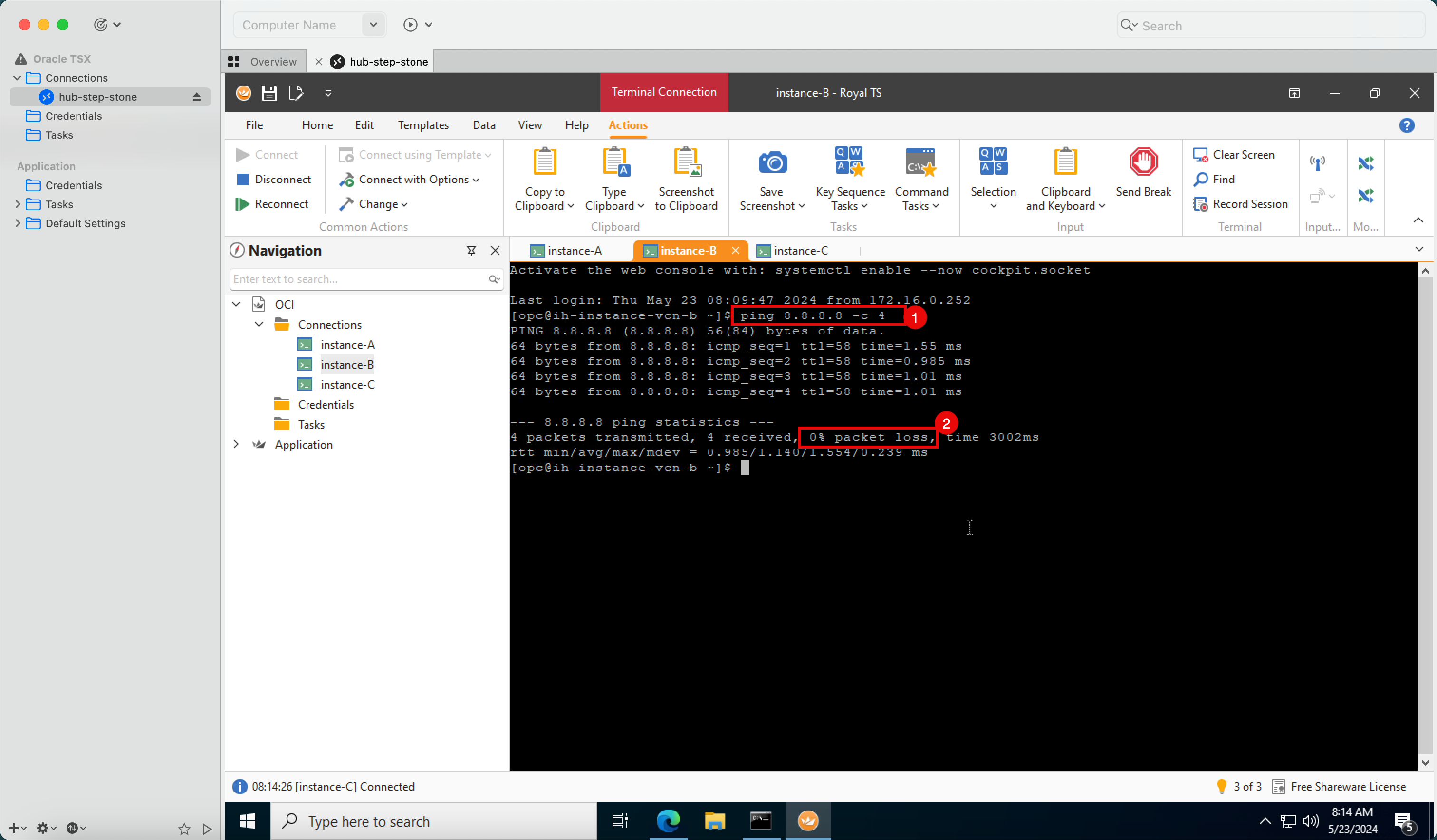

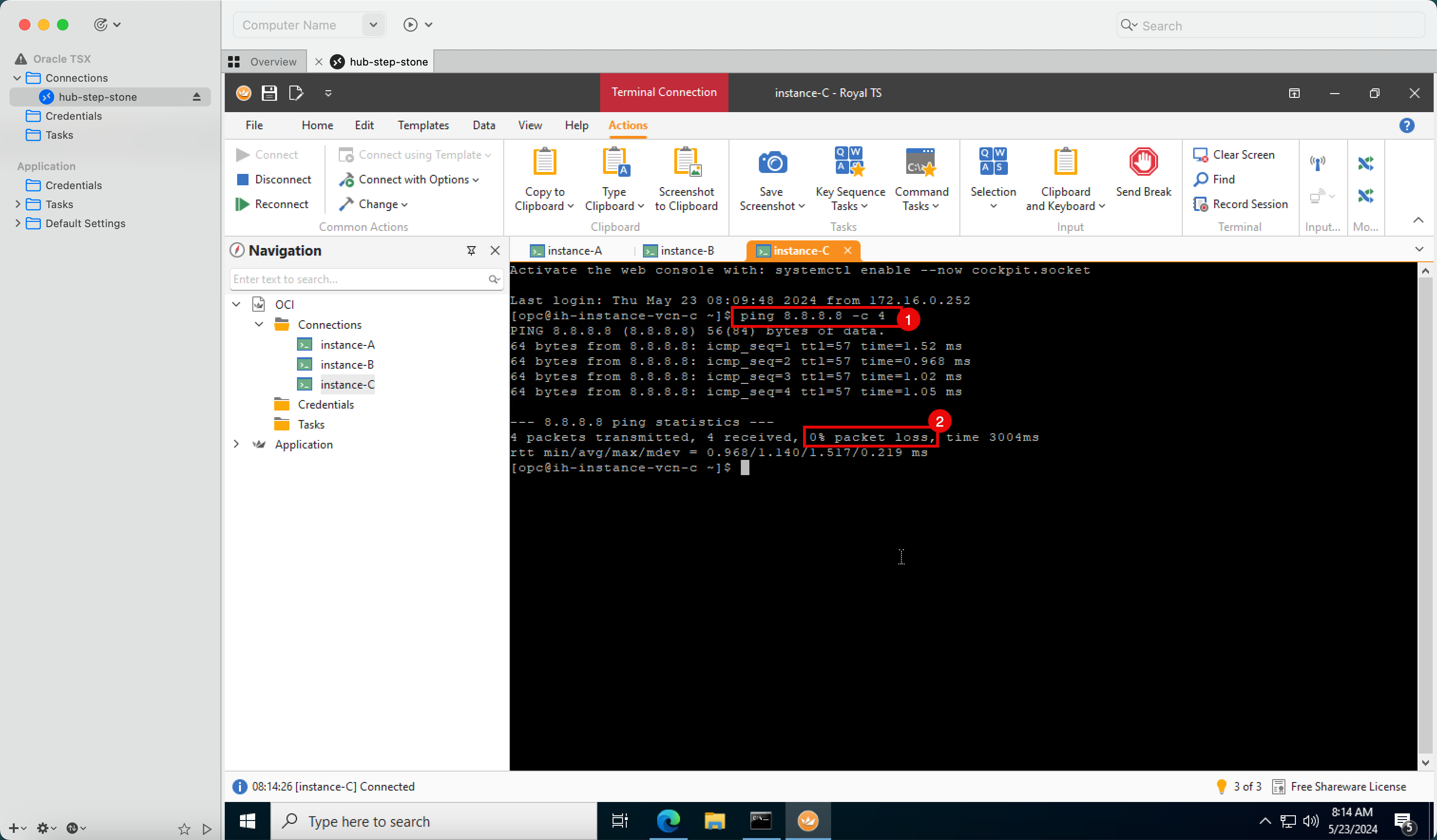

작업 8.6: 스포크 VCN에서 인터넷으로 핑

스포크 VCN 인스턴스에서 인터넷으로의 핑 테스트를 수행합니다.

-

경로 지정 구성으로 인해:

- 트래픽이 DRG로 전송됩니다.

- 그러면 DRG는 트래픽을 pfSense 방화벽으로 라우팅합니다.

- pfSense 방화벽은 구성된 방화벽 규칙에 따라 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 NAT 게이트웨이로 라우팅됩니다.

- NAT 게이트웨이는 트래픽을 인터넷으로 라우팅합니다.

- 스포크 A VCN 인스턴스에서 Google의 DNS 서버

8.8.8.8로 ping을 수행합니다. - 패킷 손실이 0%이므로 핑이 성공합니다.

- 스포크 B VCN 인스턴스에서 Google의 DNS 서버

8.8.8.8로 ping을 수행합니다. - 패킷 손실이 0%이므로 핑이 성공합니다.

- 스포크 C VCN 인스턴스에서 Google의 DNS 서버

8.8.8.8로 ping을 수행합니다. - 패킷 손실이 0%이므로 핑이 성공합니다.

작업 8.7: 스포크 VCN에서 인터넷으로 접속

기본 핑 테스트를 수행했습니다. 이제 방화벽 검사가 pfSense 방화벽에 의해 수행되고 다중 계층의 방화벽 보안이 필요 없는 한 인터넷으로 향하는 모든 TCP 트래픽을 허용하기 위해 허브 VCN 수신 보안 목록을 열어야 합니다.

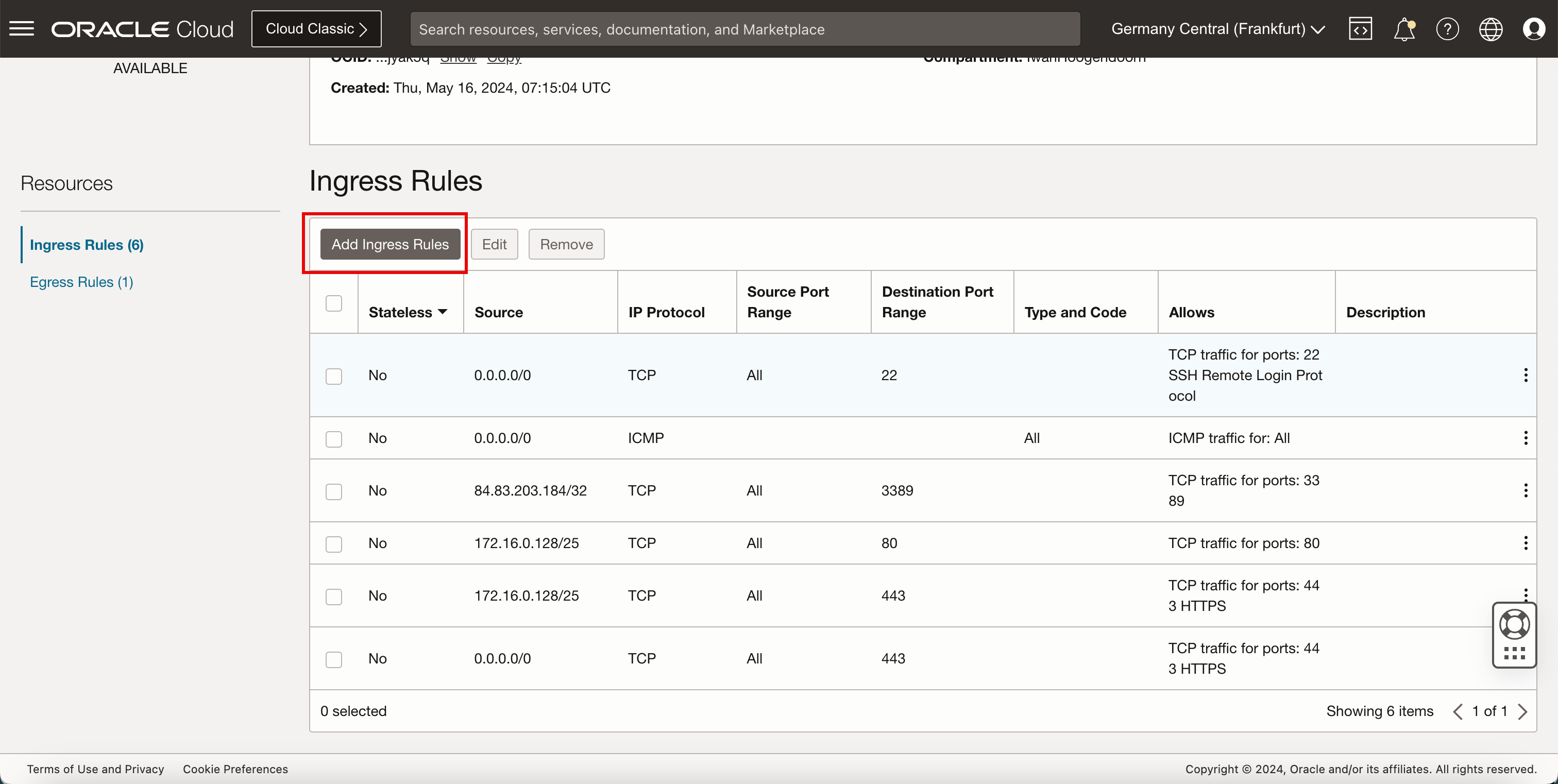

허브 VCN 보안 목록 업데이트

OCI 콘솔로 이동하여 네트워킹 및 가상 클라우드 네트워크를 누릅니다.

-

허브 VCN을 클릭합니다.

- Security Lists를 누릅니다.

- HUB-VCN에 대한 기본 보안 목록을 누릅니다.

-

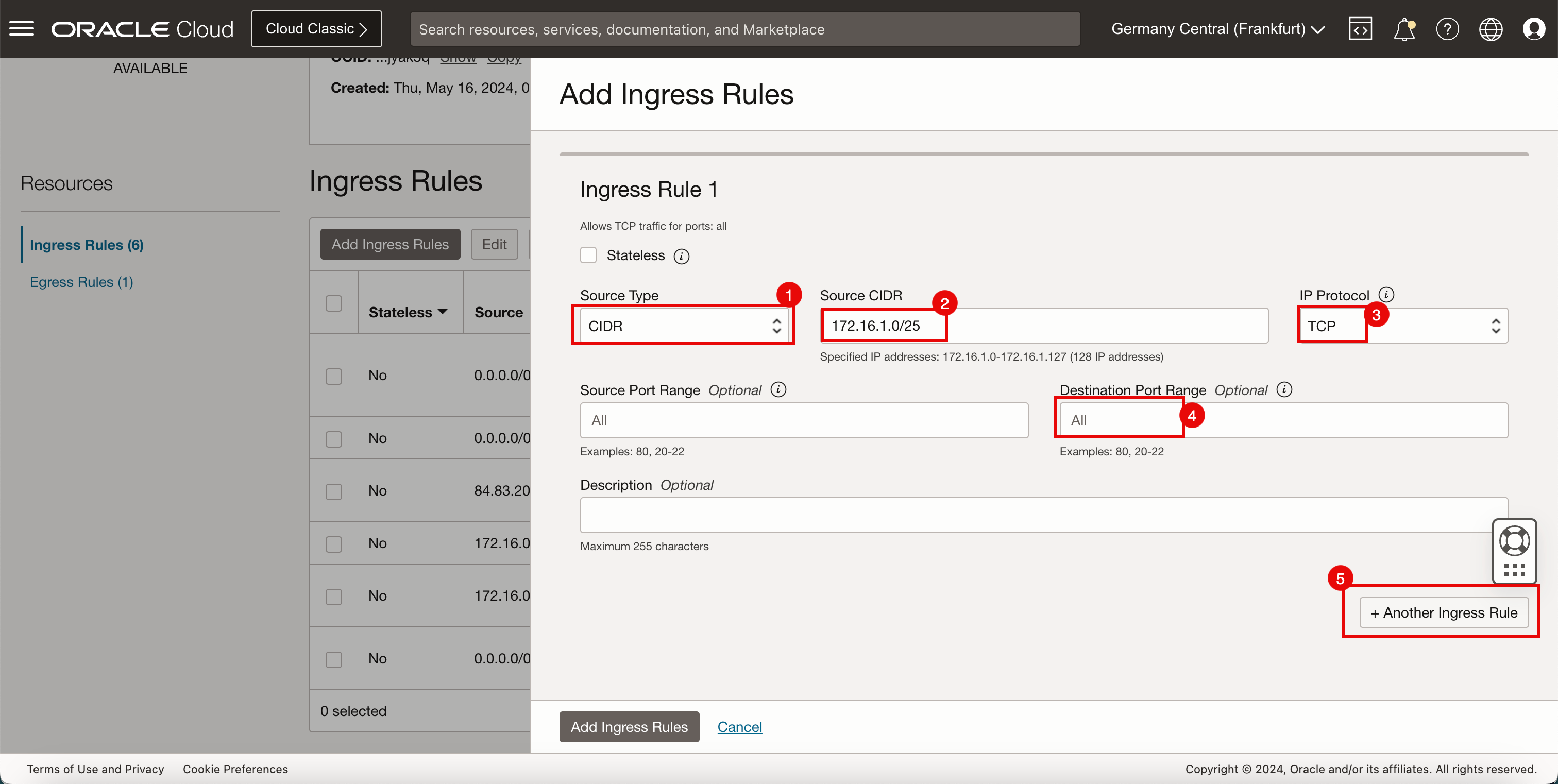

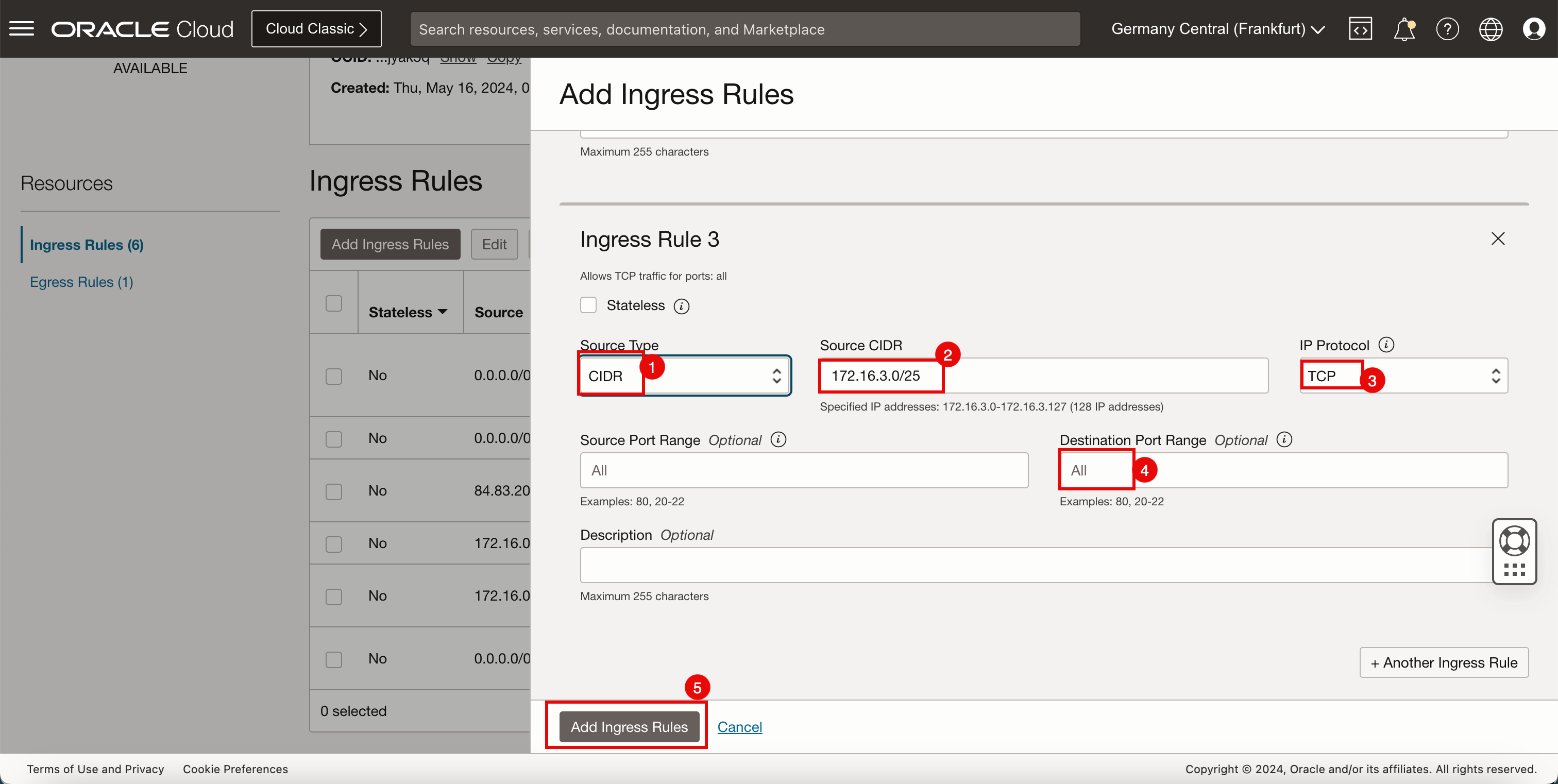

수신 규칙 추가를 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

172.16.1.0/25을 입력합니다. - IP 프로토콜에서 TCP를 선택합니다.

- 대상 포트 범위에 모두를 입력합니다.

- + 다른 수신 규칙을 누릅니다.

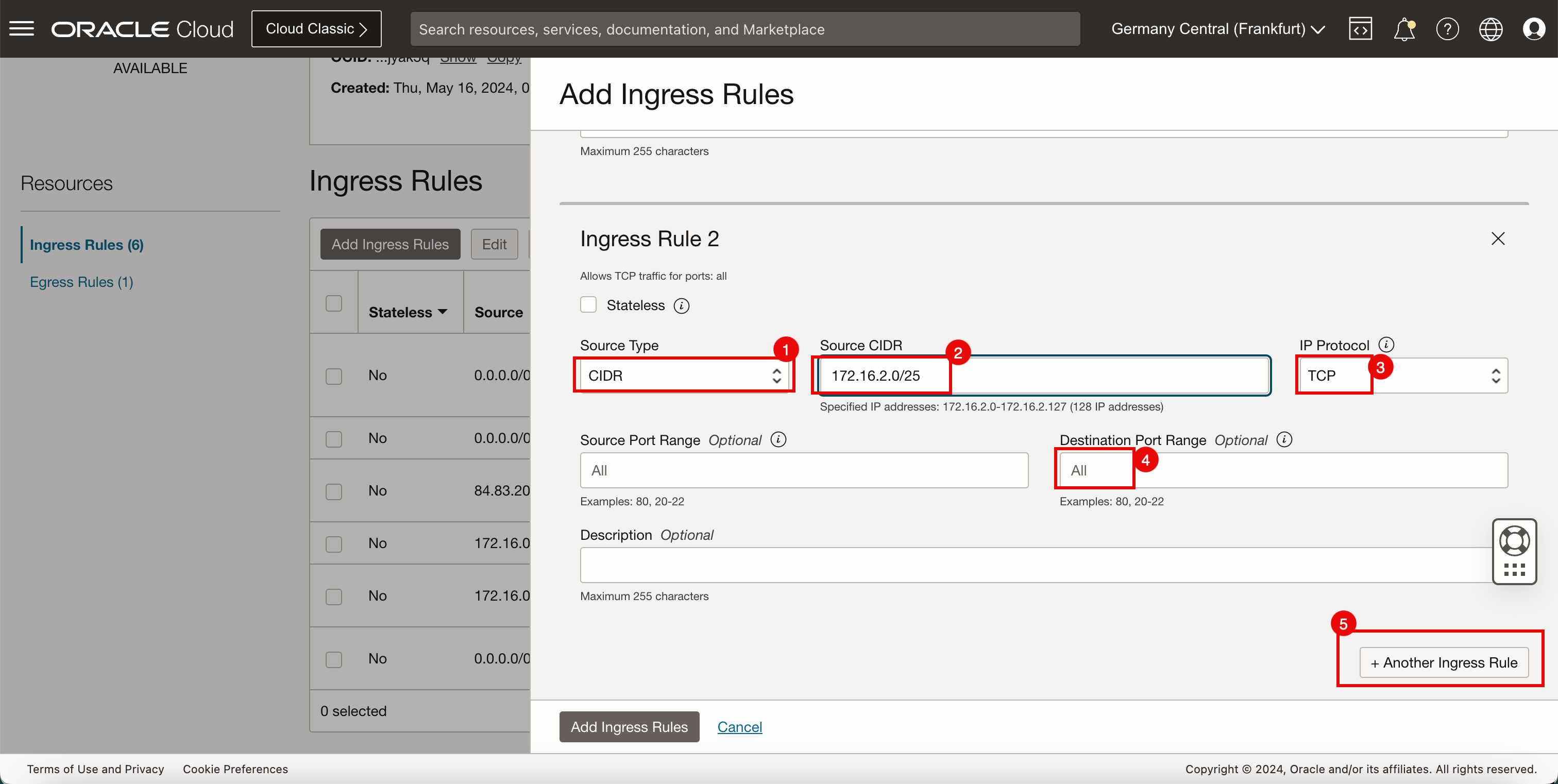

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

172.16.2.0/25을 입력합니다. - IP 프로토콜에서 TCP를 선택합니다.

- 대상 포트 범위에 모두를 입력합니다.

- + 다른 수신 규칙을 누릅니다.

- 소스 유형에서 CIDR을 선택합니다.

- 소스 CIDR에

172.16.3.0/25을 입력합니다. - IP 프로토콜에서 TCP를 선택합니다.

- 대상 포트 범위에 모두를 입력합니다.

- + 다른 수신 규칙을 누릅니다.

-

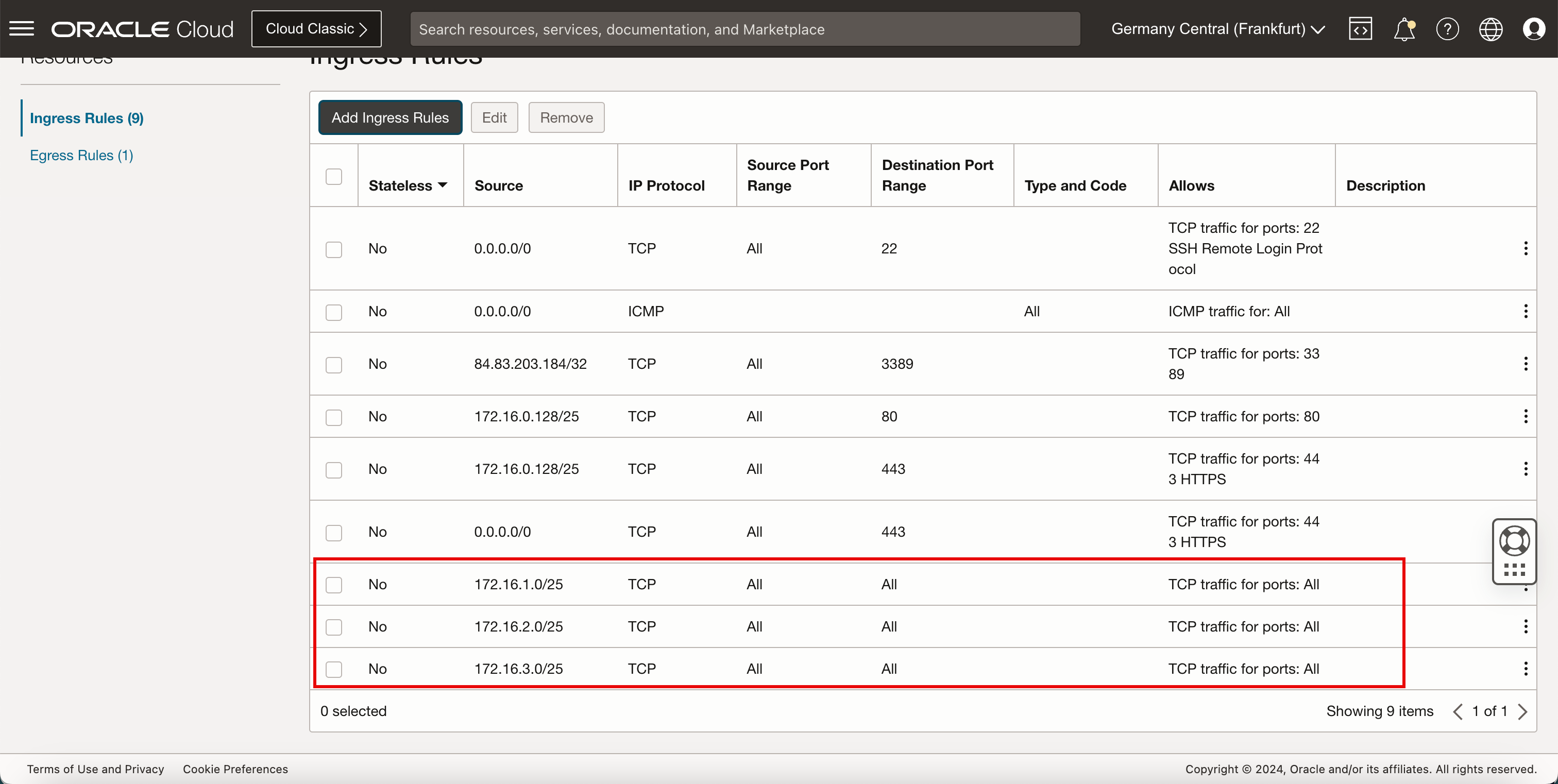

모든 규칙이 있음을 알 수 있습니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

pfSense 방화벽 확인

-

테스트를 쉽게 하기 위해 모든 트래픽을 허용하는 규칙을 pfSense 방화벽에 추가했습니다.

-

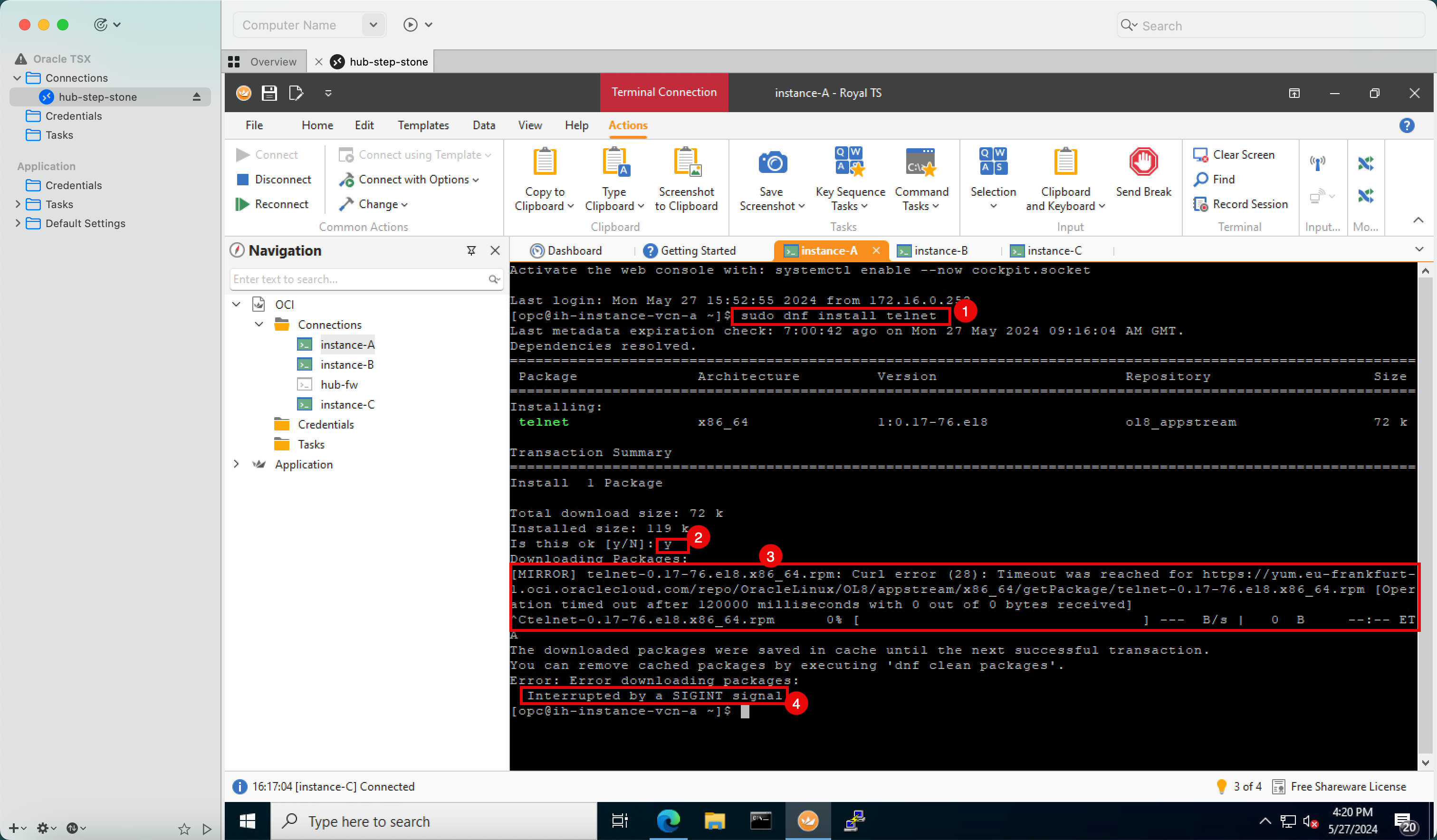

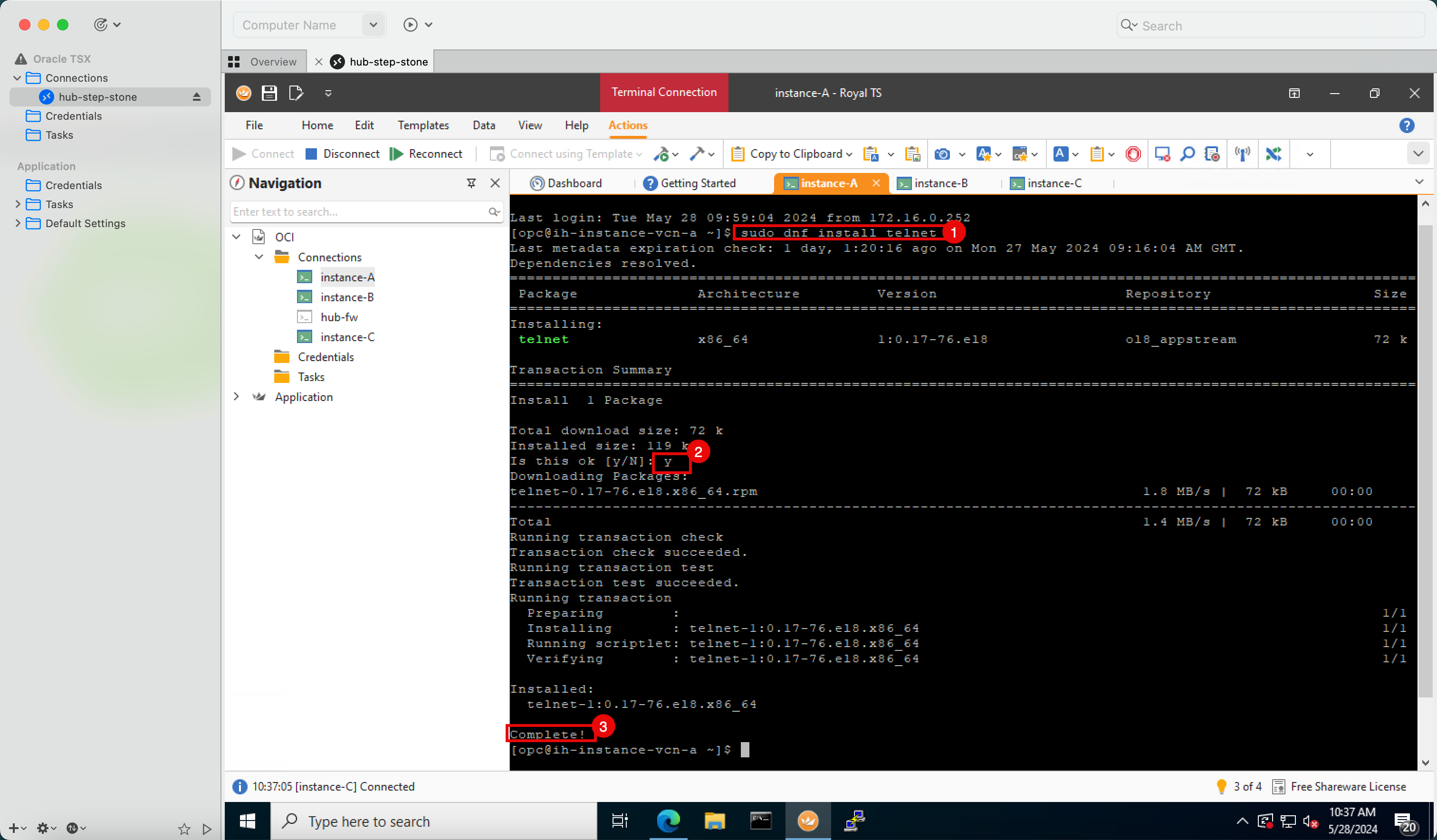

스포크 VCN A 인스턴스 Telnet에 간단한 애플리케이션을 설치해 보겠습니다.

sudo dnf install telnet명령을 실행하여 스포크 VCN A 인스턴스에 Telnet을 설치합니다.- Is this ok에 Y를 입력합니다.

- 연결 시간이 초과되었습니다.

- CTRL + C를 눌러 요청을 정지합니다.

Oracle Linux를 기반으로 하는 소프트웨어 설치 및 업그레이드 또는 컴퓨트 인스턴스는 인터넷을 통해 수행되지 않습니다.

Oracle Linux 인스턴스에 소프트웨어를 설치하기 위해 Oracle은 소프트웨어 저장소에서만 이 작업을 수행할 수 있으며 서비스 게이트웨이를 사용하여 연결할 수 있습니다.

다음 작업과 마지막 작업은 서비스 게이트웨이를 생성하고 새 서비스 게이트웨이를 통해 Oracle 서비스에 대한 트래픽 경로를 지정하도록 경로 지정을 구성하는 것입니다.

작업 8.8: 서비스 게이트웨이를 사용하여 Linux 인스턴스가 소프트웨어를 설치 및 업데이트하도록 허용

OCI 서비스에 대한 경로 지정이 아직 구성되지 않았습니다.

-

경로 지정을 구성한 후:

- 트래픽이 DRG로 전송됩니다.

- 그러면 DRG가 트래픽을 서비스 게이트웨이로 라우팅합니다.

- 또한 서비스 게이트웨이는 트래픽을 OCI 서비스 네트워크로 라우팅합니다.

-

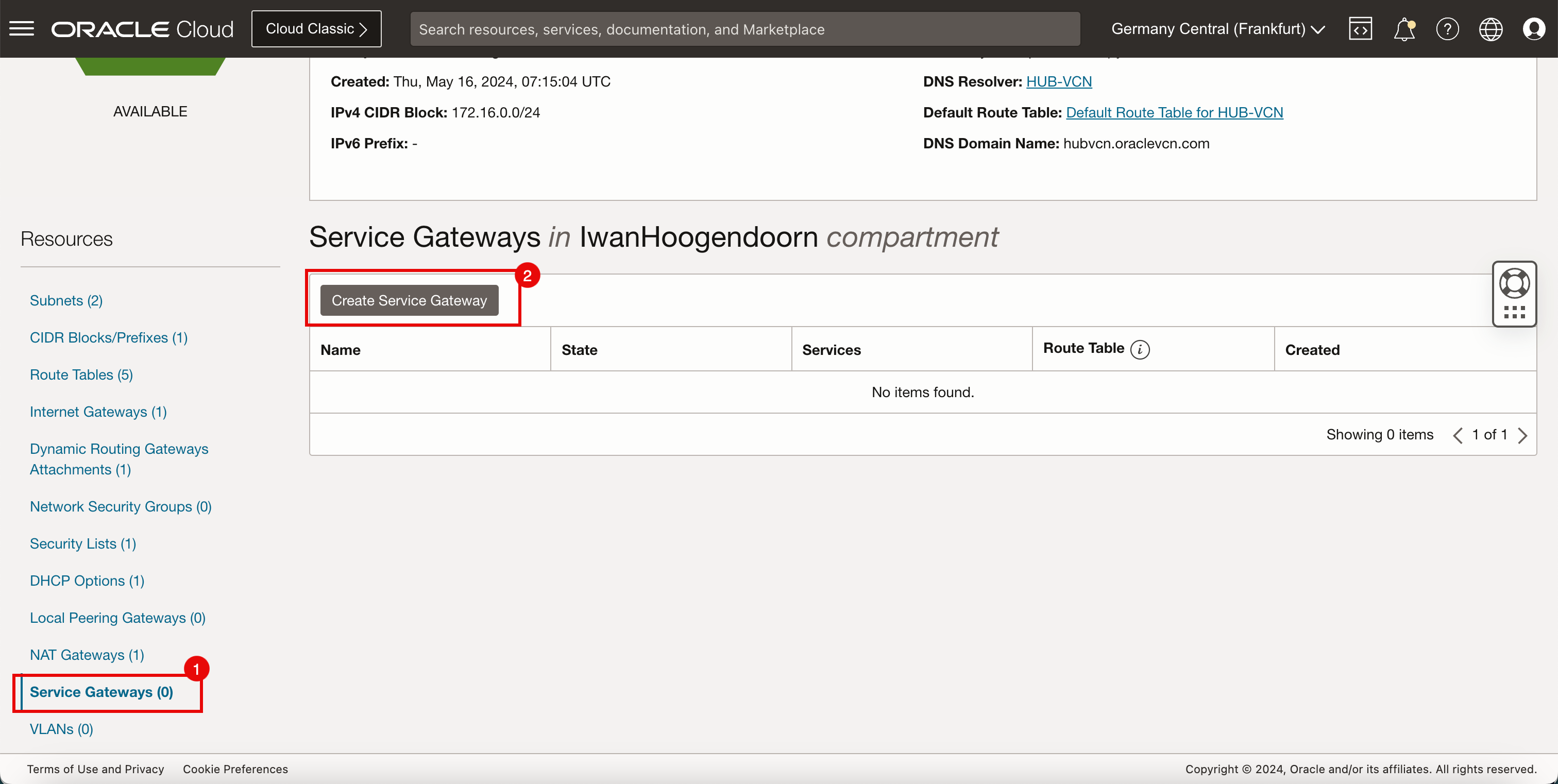

경로 지정을 구성하려면 OCI 콘솔로 이동하여 왼쪽 상단 모서리에 있는 햄버거 메뉴 네트워킹 및 가상 클라우드 네트워크를 누릅니다.

-

허브 VCN을 누릅니다.

- Service Gateways(서비스 게이트웨이)를 누릅니다.

- 서비스 게이트웨이 생성을 누릅니다.

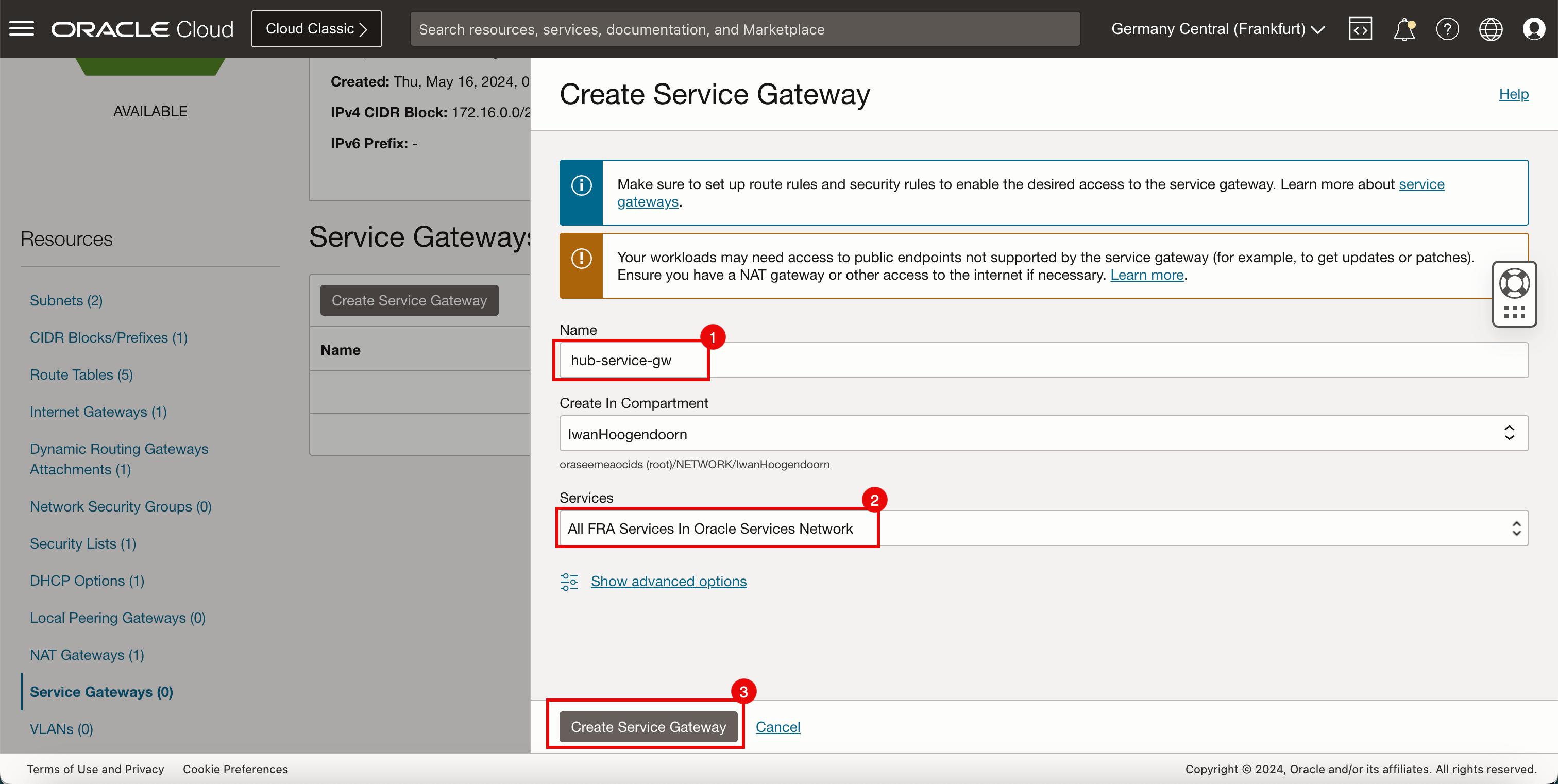

- 서비스 게이트웨이에 대한 이름을 입력합니다.

- 서비스에서 Oracle Services Network의 모든 서비스를 선택합니다.

- 서비스 게이트웨이 생성을 누릅니다.

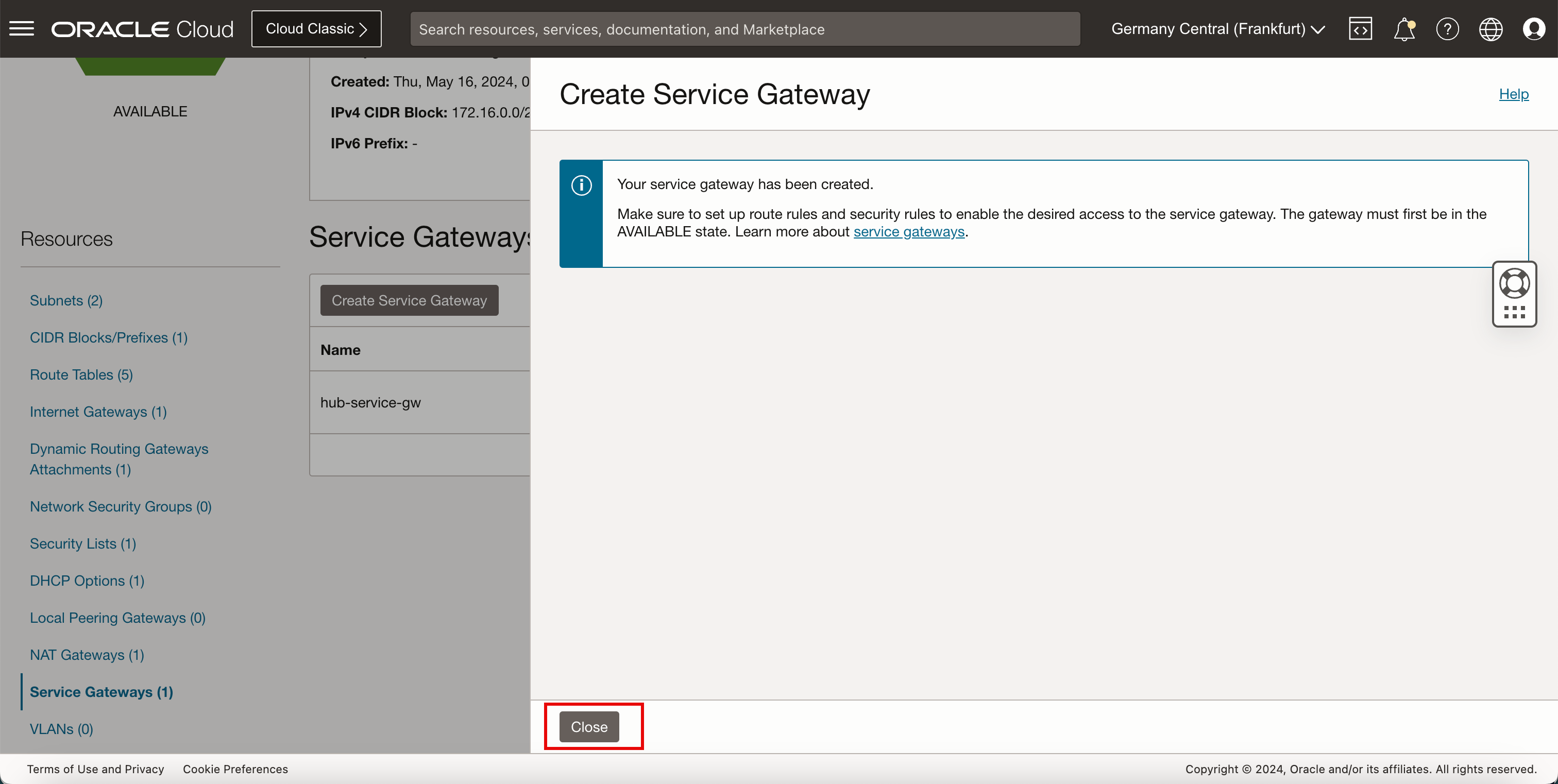

-

닫기를 누르면

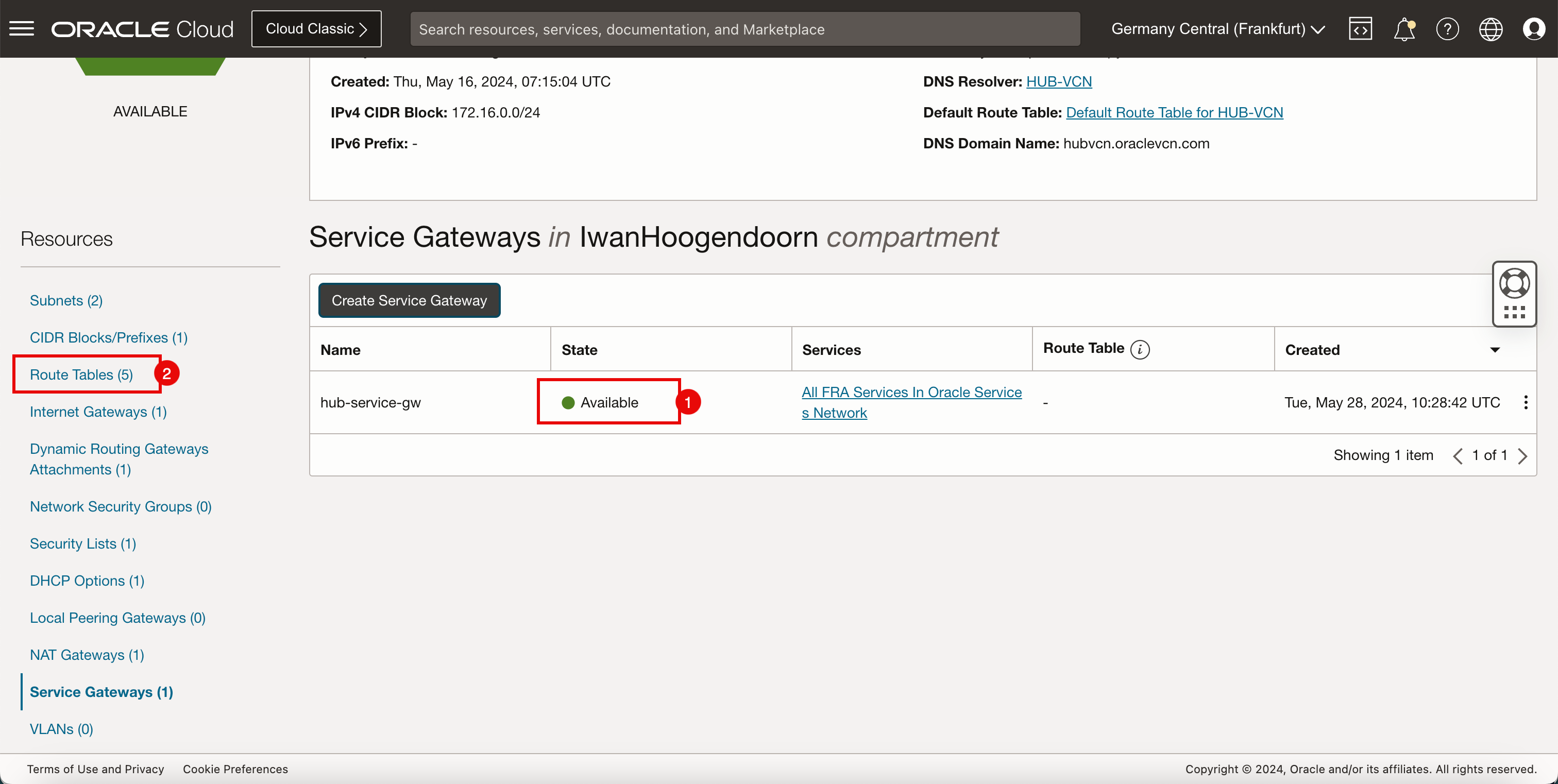

- 서비스 게이트웨이가 사용 가능합니다.

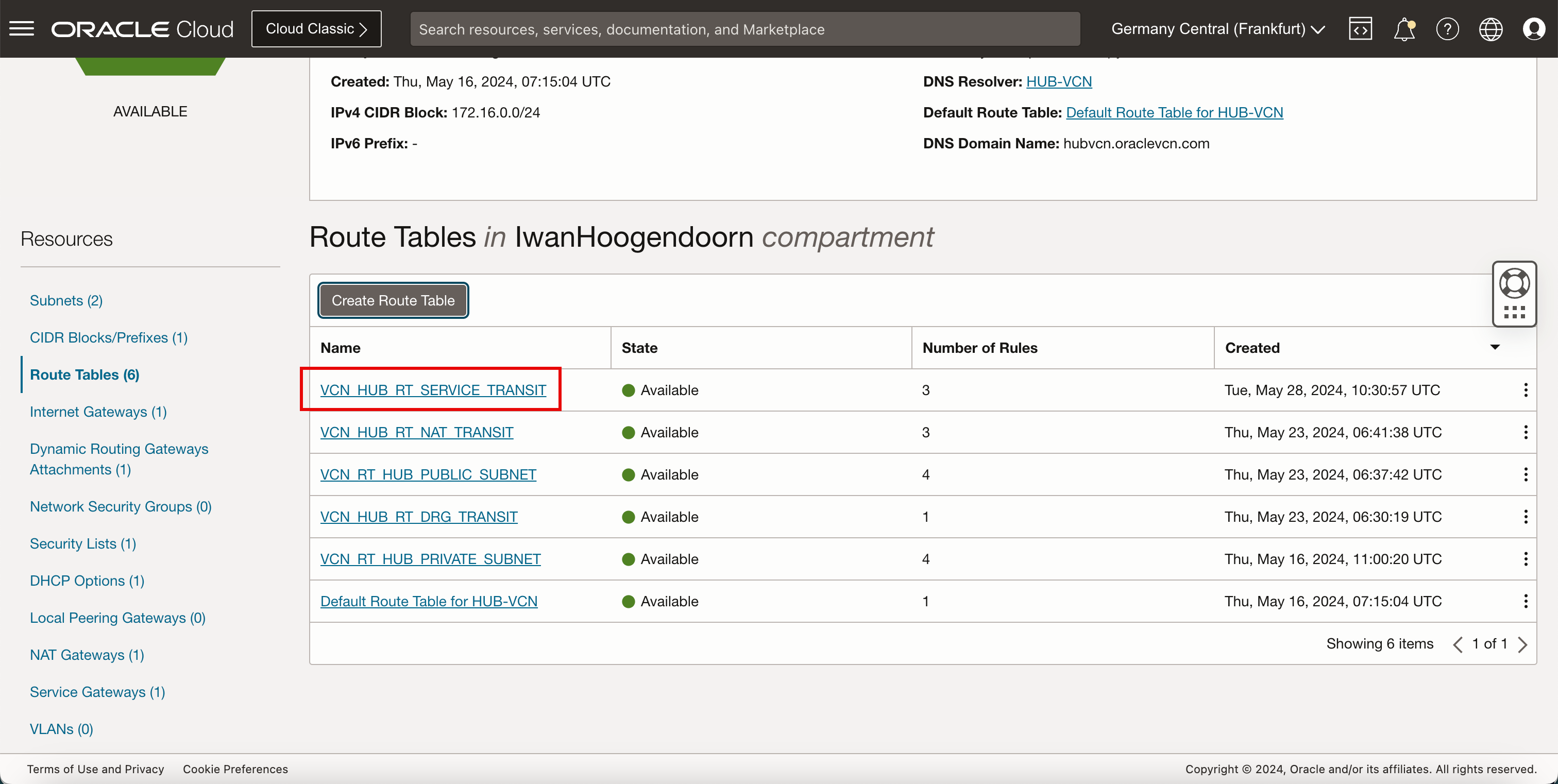

- 경로 테이블을 누릅니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

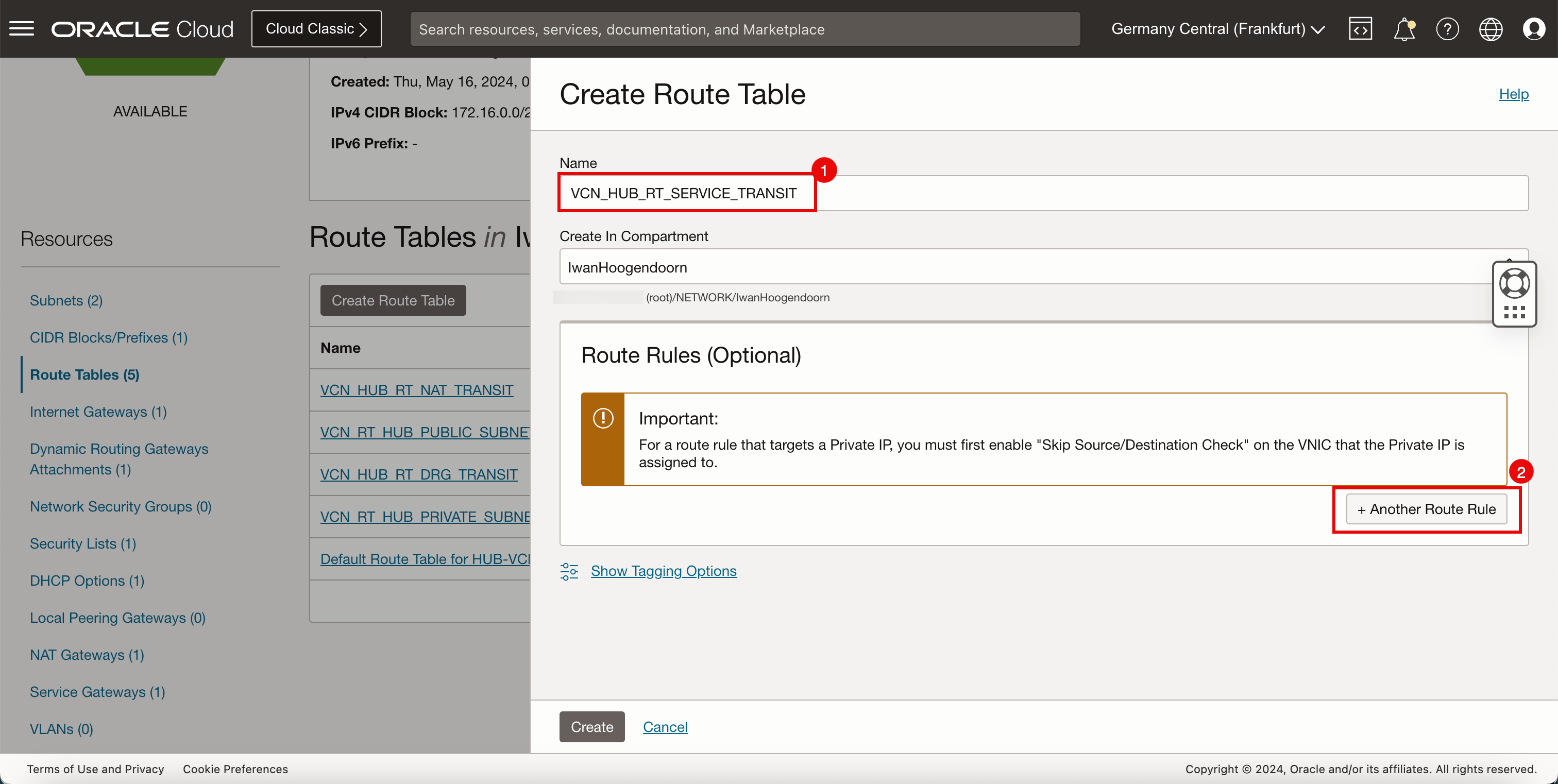

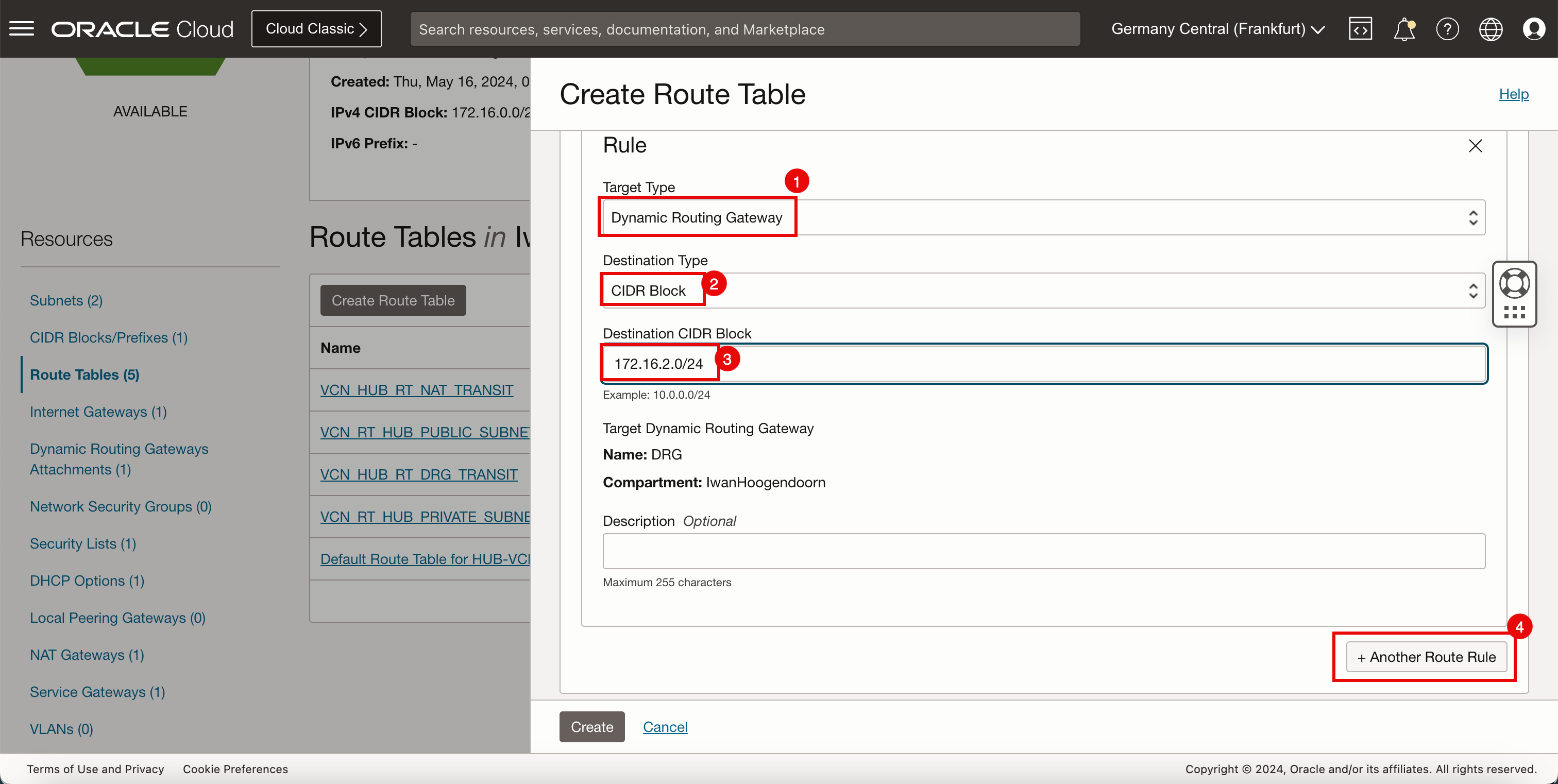

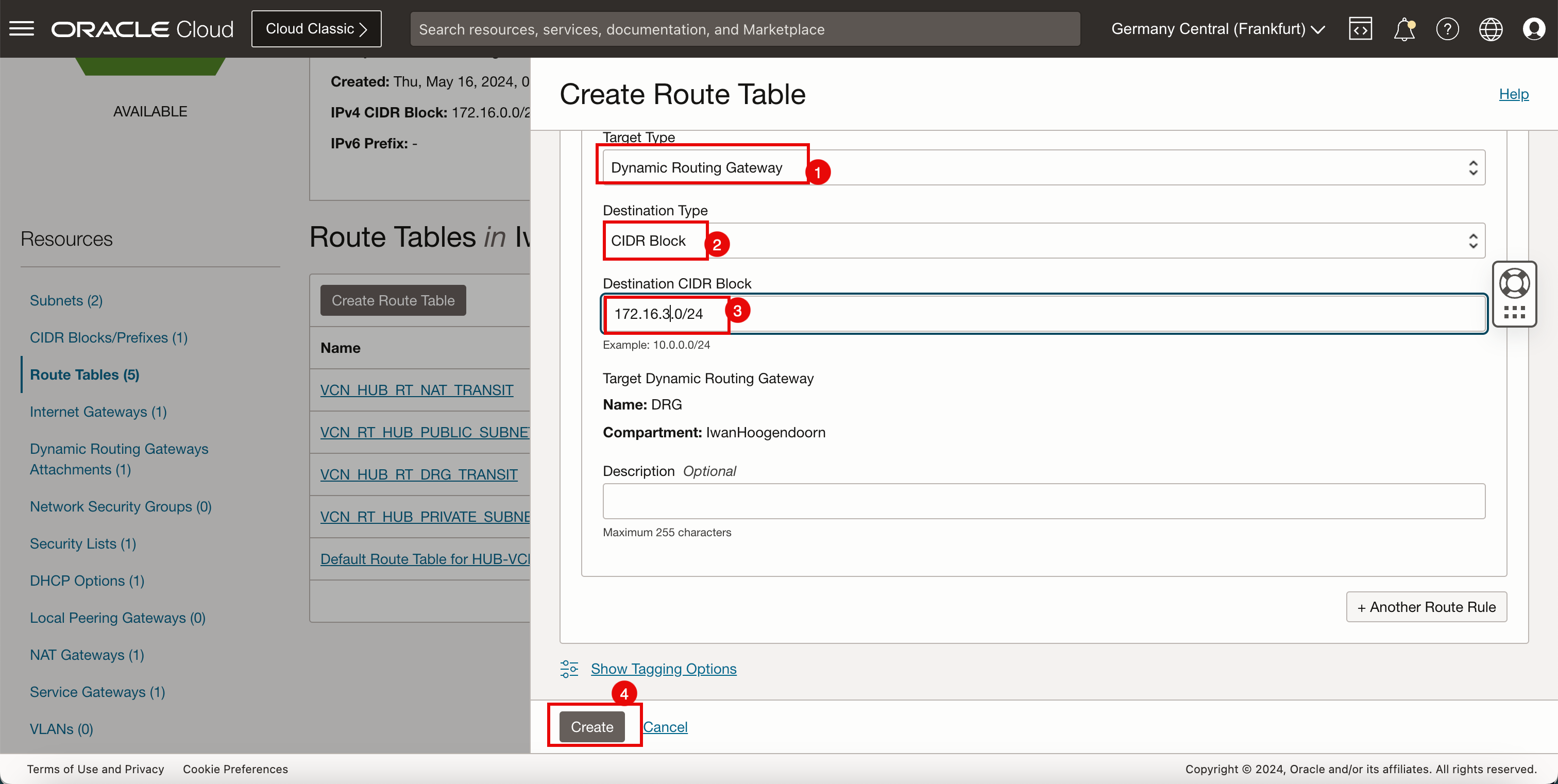

허브 VCN에서 경로 테이블(

VCN_HUB_RT_SERVICE_TRANSIT)을 생성합니다.대상 대상 유형 Target 경로 유형 172.16.1.0/24 동적 경로 지정 게이트웨이 DRG 정적 172.16.2.0/24 동적 경로 지정 게이트웨이 DRG 정적 172.16.3.0/24 동적 경로 지정 게이트웨이 DRG 정적 -

경로 테이블 생성을 누릅니다.

- 공용 서브넷의 새 허브 VCN 경로 테이블에 대한 이름을 입력합니다.

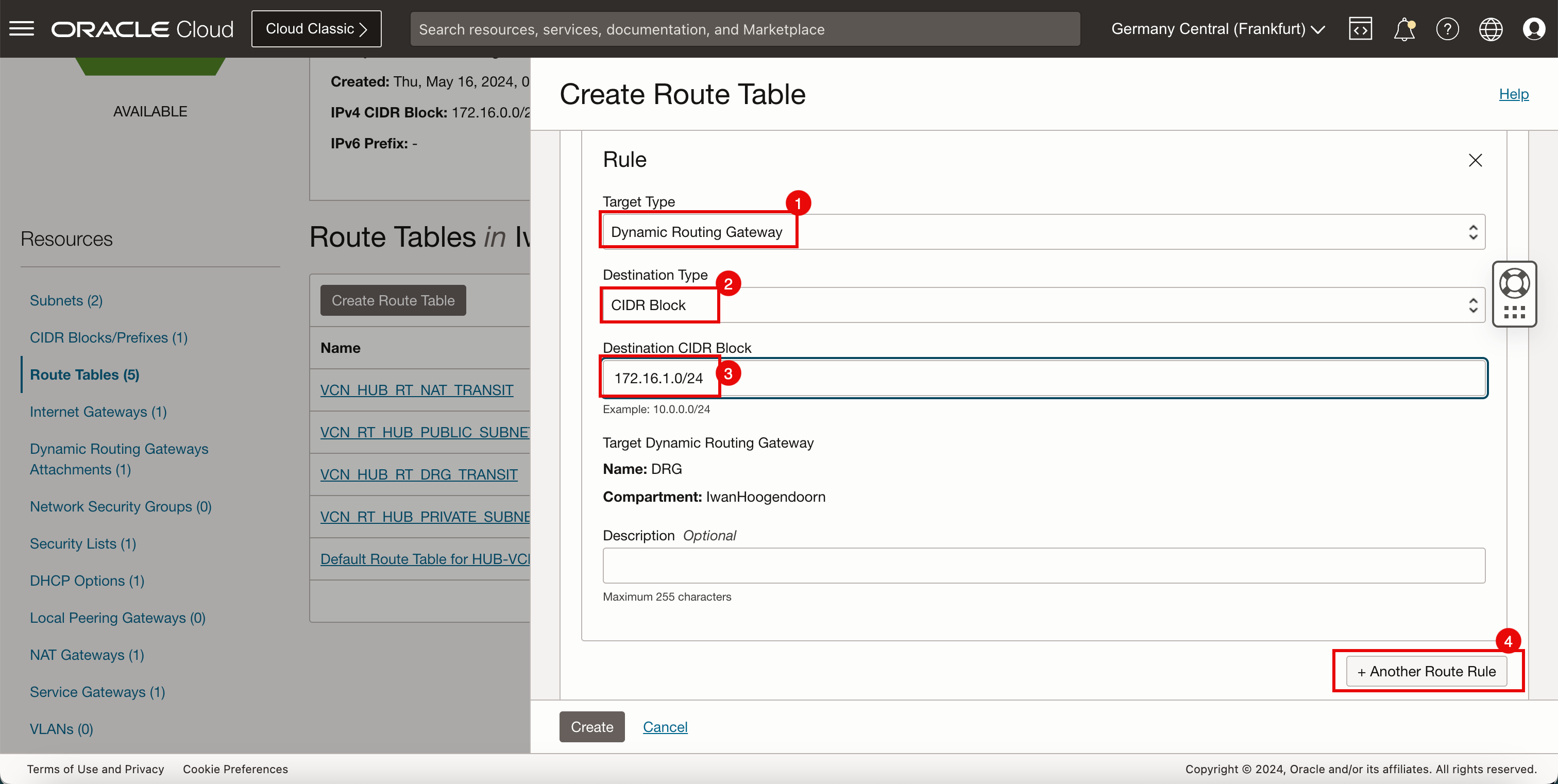

- + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.1.0/24을 입력합니다. - + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.2.0/24을 입력합니다. - + 다른 경로 규칙을 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 CIDR 블록을 선택합니다.

- 대상 CIDR 블록에

172.16.3.0/24을 입력합니다. - + 다른 경로 규칙을 누릅니다.

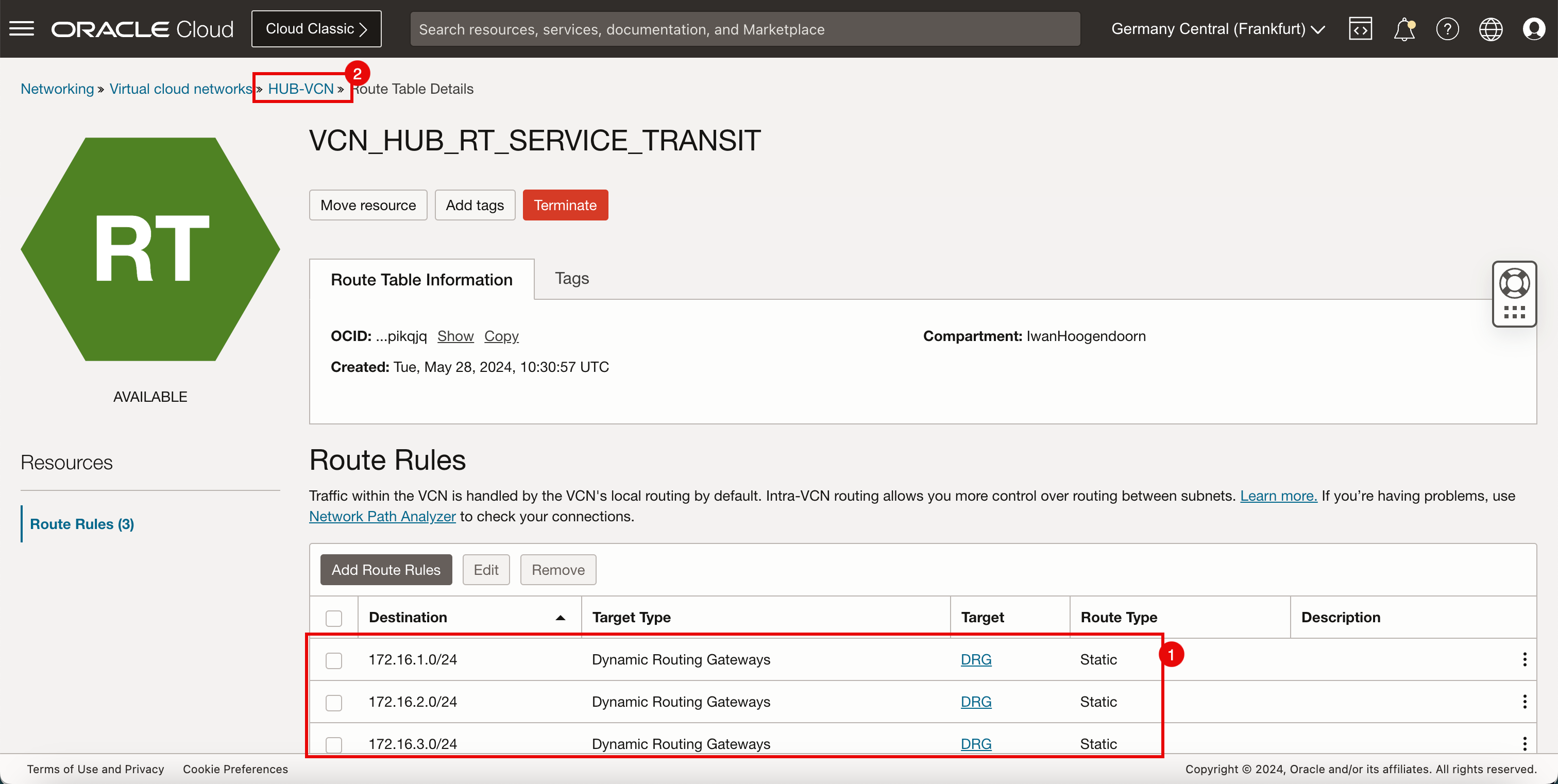

- 서비스 게이트웨이에 대한 경로 테이블이 생성됩니다. 경로 테이블 이름을 누릅니다.

- 서비스 게이트웨이 경로 지정 테이블에 대한 모든 경로 규칙을 확인합니다.

- 허브 VCN을 눌러 허브 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

이제 서비스 게이트웨이와 연관시키는 데 필요한 새 VCN 라우팅 테이블이 있습니다.

라우팅 정보: (

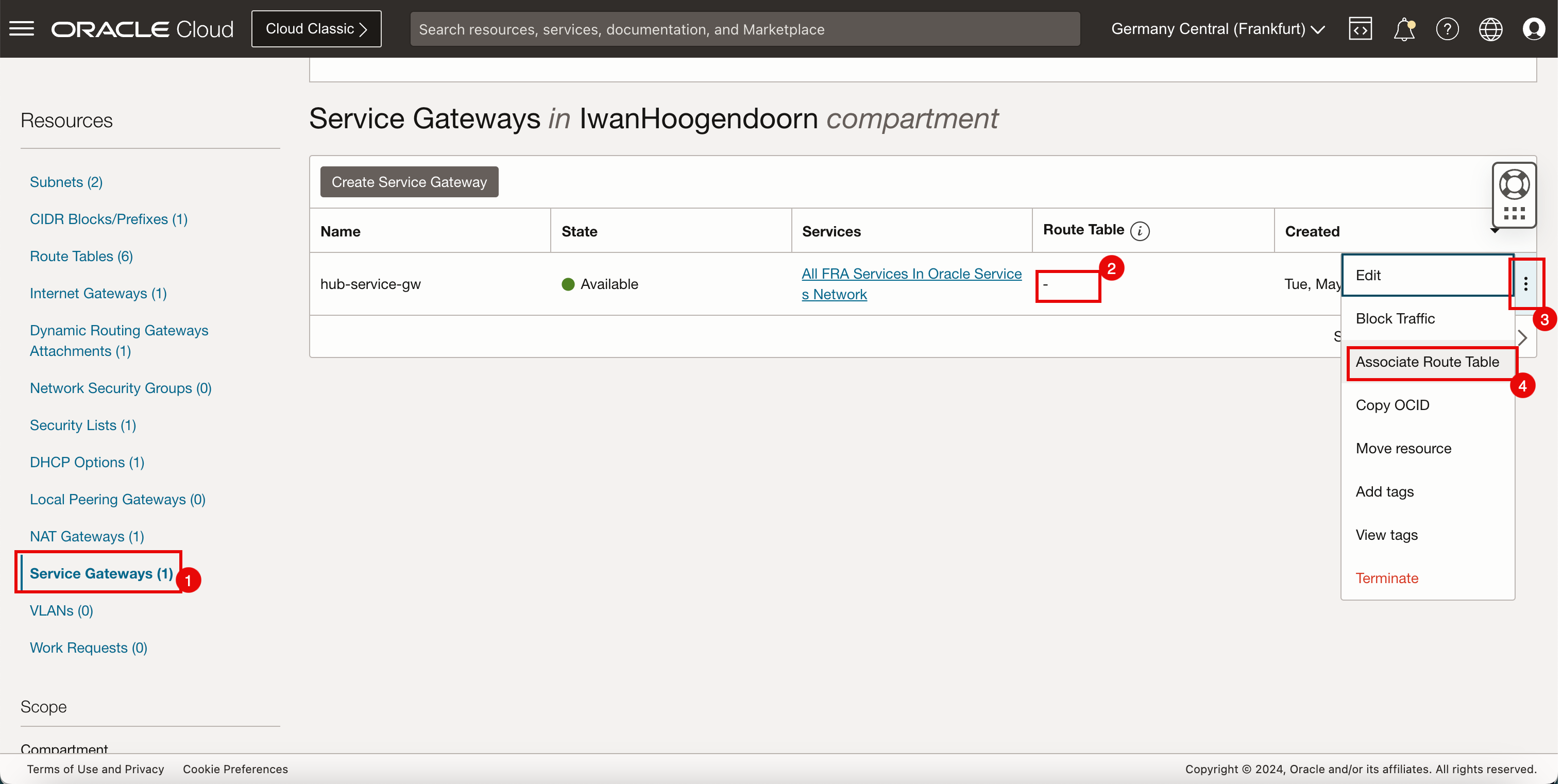

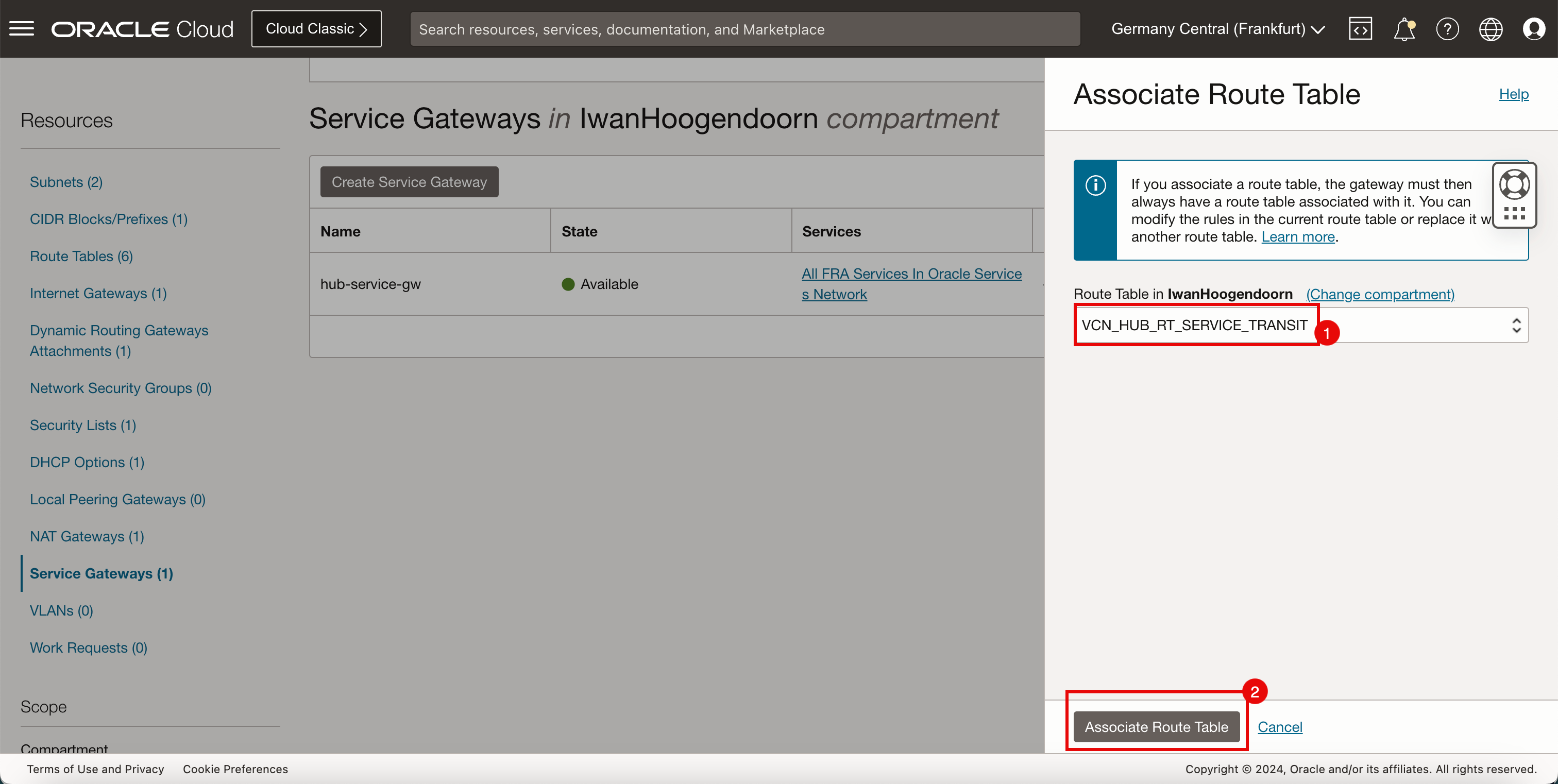

VCN_HUB_RT_SERVICE_TRANSIT) 이 VCN 라우팅 테이블은 스포크 대상으로 지정된 트래픽을 DRG로 라우팅합니다.- 서비스 게이트웨이를 누릅니다.

- 서비스 게이트웨이에 연관된 경로 테이블이 없습니다.

- 점 3개를 누릅니다.

- 경로 테이블 연관을 누릅니다.

- 이전에 생성한 VCN 라우트 테이블(

VCN_HUB_RT_SERVICE_TRANSIT)을 선택합니다. - 경로 테이블 연관을 누릅니다.

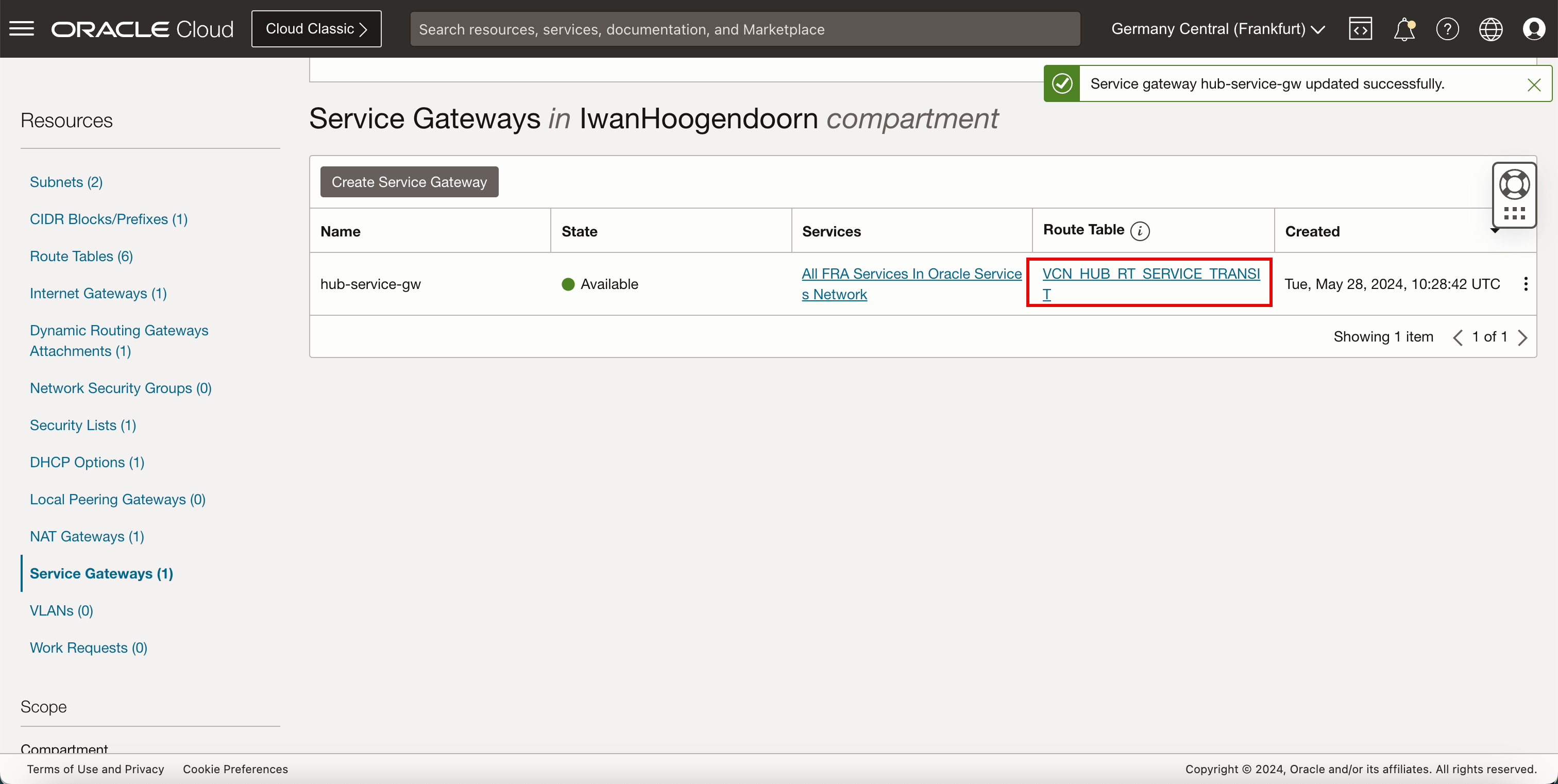

-

새 VCN 라우트 테이블이 서비스 게이트웨이에서 활성 상태입니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

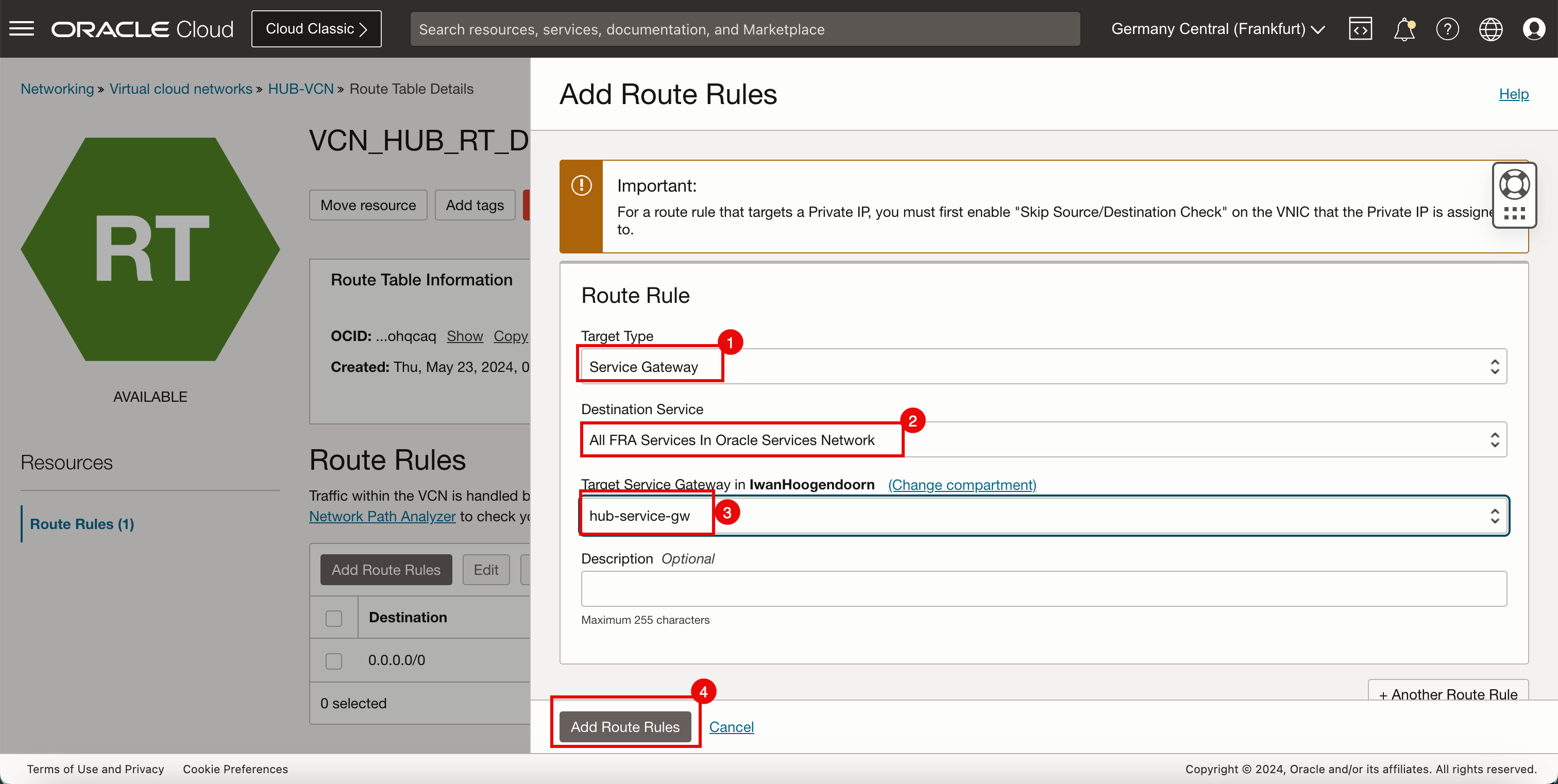

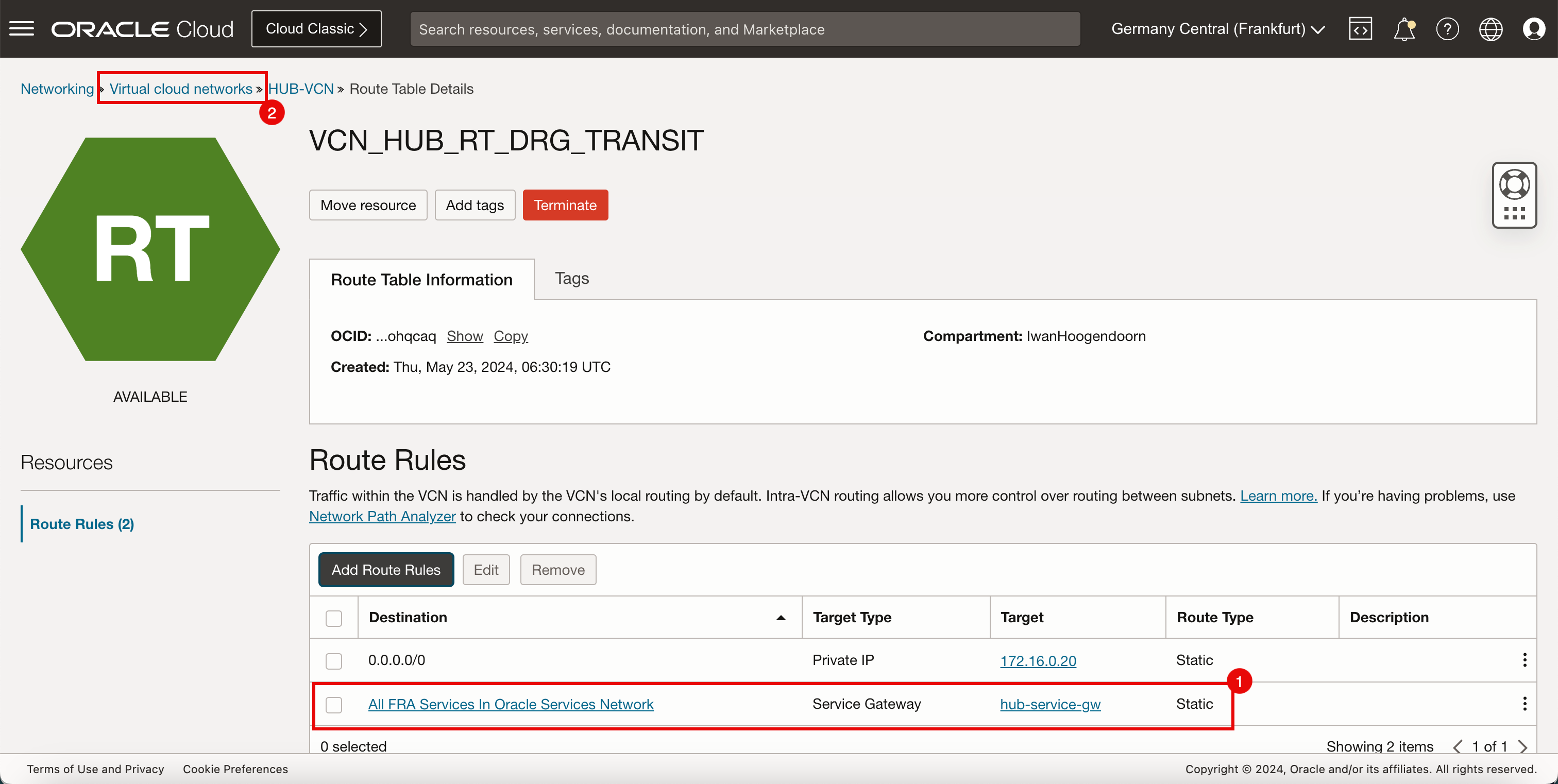

또한 DRG가 트래픽의 경로를 새 서비스 게이트웨이로 올바르게 지정하는지 확인합니다.

VCN_HUB_RT_DRG_TRANSIT경로 테이블을 업데이트해야 합니다. -

허브 VCN에서 경로 테이블(

VCN_HUB_RT_DRG_TRANSIT)을 업데이트합니다.대상 대상 유형 Target 경로 유형 0.0.0.0/0 프라이빗 IP 172.16.0.20(FW IP) 정적 Oracle Services Network의 모든 FRA 서비스 서비스 게이트웨이 허브 서비스 gw 정적 - 경로 테이블을 누릅니다.

VCN_HUB_RT_DRG_TRANSIT경로 테이블을 선택합니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 서비스 게이트웨이를 선택합니다.

- 대상 서비스에서 Oracle Services Network의 모든 서비스를 선택합니다.

- 위에서 생성한 서비스 게이트웨이를 선택합니다.

- Add Route Rules를 누릅니다.

- 방금 생성한 새 경로 규칙을 확인합니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

스포크 VCN도 트래픽을 새 서비스 게이트웨이로 올바르게 라우팅하는지 확인하십시오. 기본 스포크 VCN 라우팅 테이블을 업데이트해야 합니다.

-

스포크 VCN A에서 기본 VCN 경로 지정 테이블을 업데이트합니다.

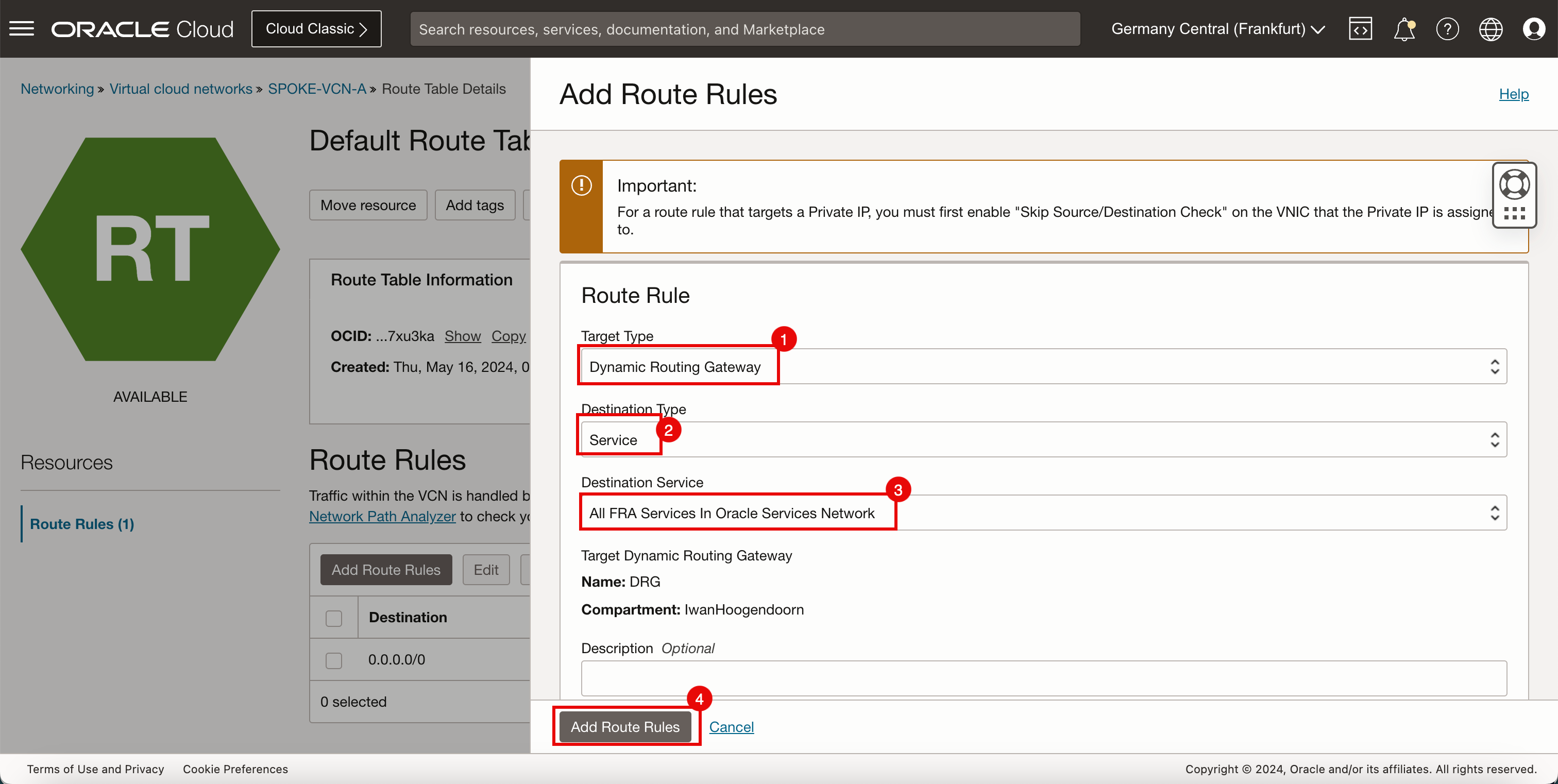

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 Oracle Services Network의 모든 FRA 서비스 동적 경로 게이트웨이 DRG 정적 -

VCN 스포크를 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-A의 기본 경로 테이블을 누릅니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 서비스를 선택합니다.

- 대상 서비스에서 Oracle Services Network의 모든 서비스를 선택합니다.

- Add Route Rules를 누릅니다.

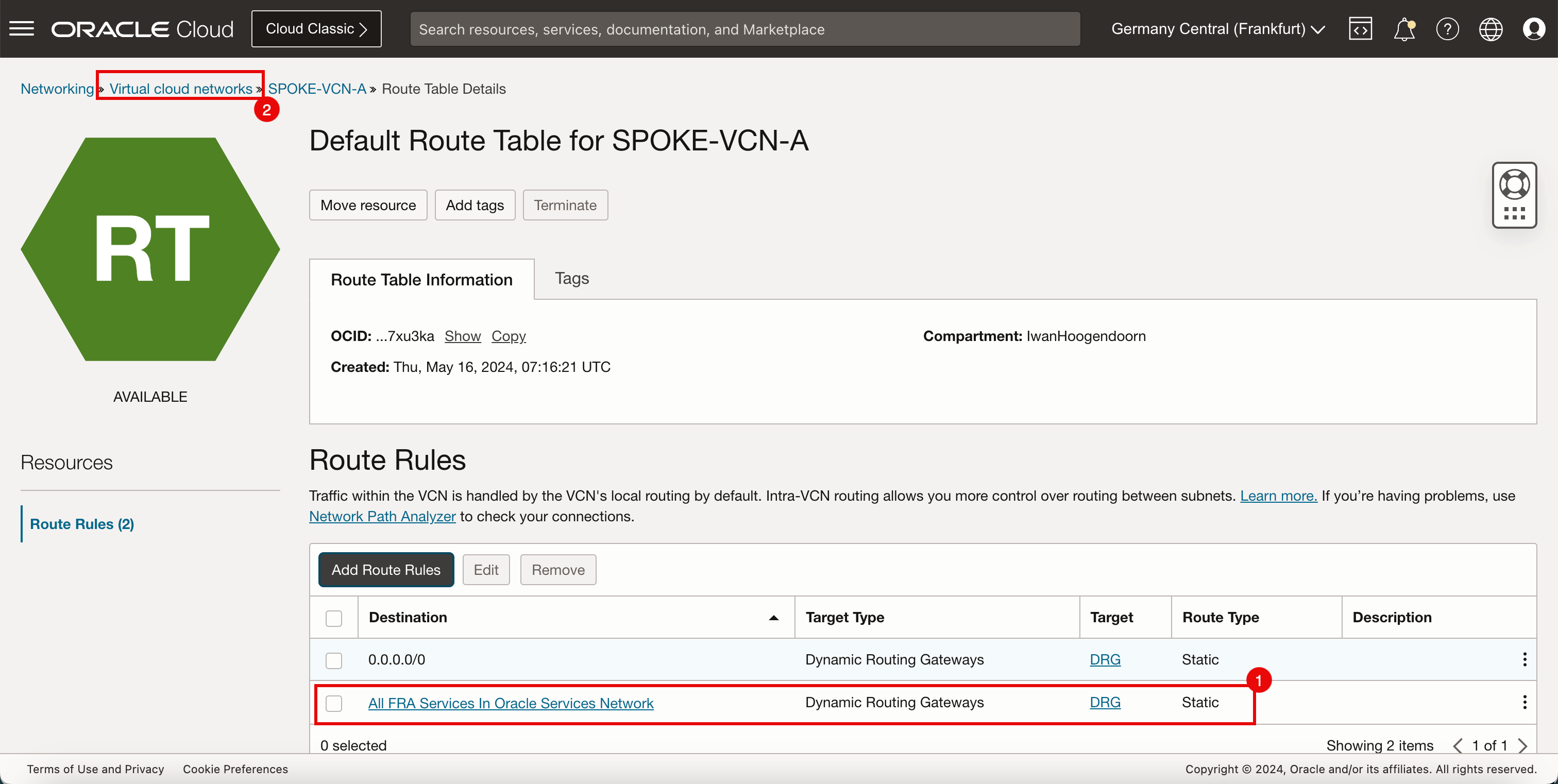

- 이제 OCI 서비스 경로가 스포크 VCN A의 기본 경로 테이블에 추가됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

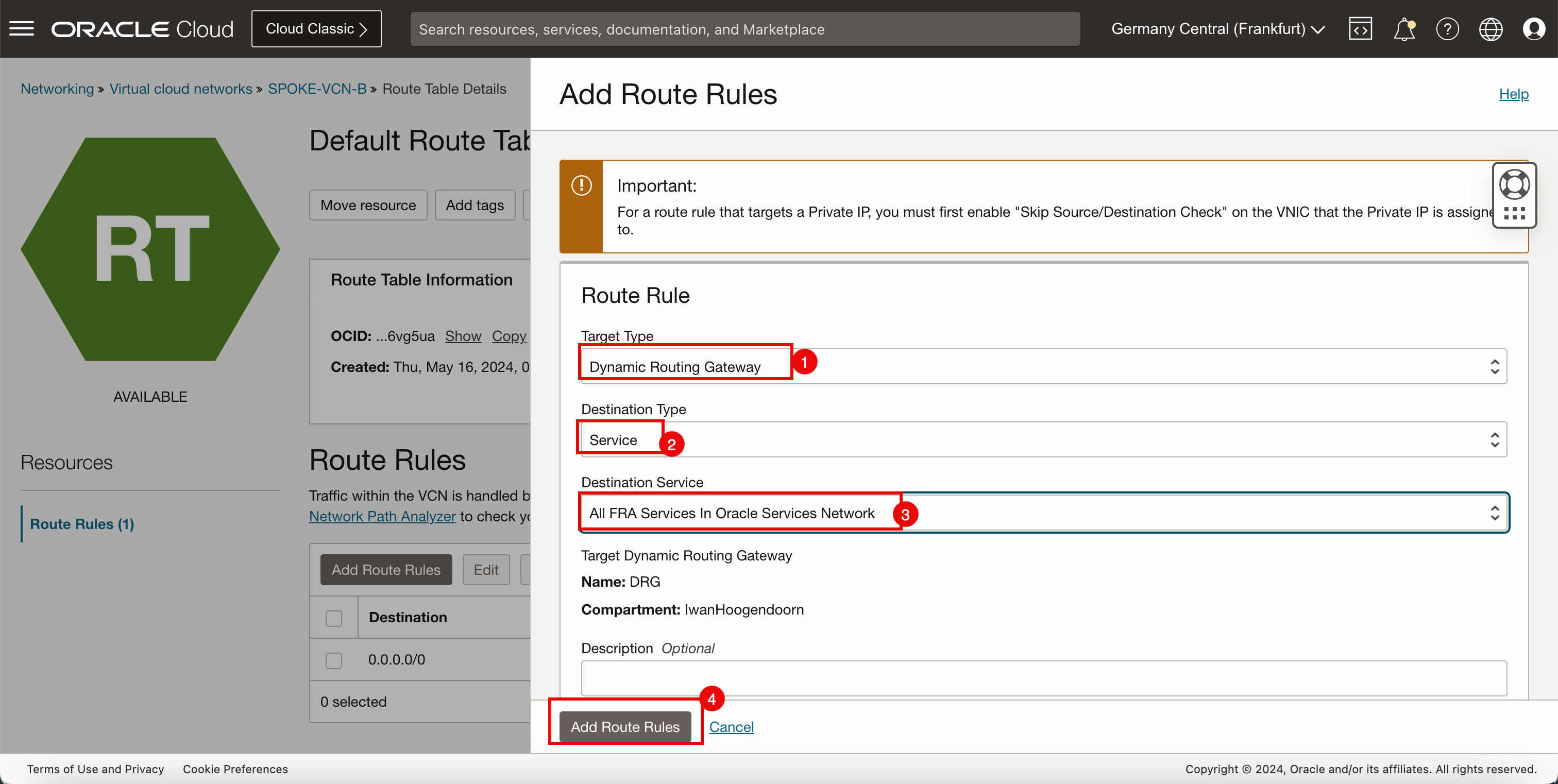

스포크 VCN B에서 기본 VCN 경로 지정 테이블을 업데이트합니다.

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 Oracle Services Network의 모든 FRA 서비스 동적 경로 게이트웨이 DRG 정적 -

스포크 B VCN을 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-B의 기본 경로 테이블을 누릅니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 서비스를 선택합니다.

- 대상 서비스에서 Oracle Services Network의 모든 서비스를 선택합니다.

- Add Route Rules를 누릅니다.

- 이제 OCI 서비스 경로가 스포크 VCN B의 기본 경로 테이블에 추가됩니다.

- 가상 클라우드 네트워크를 눌러 VCN 페이지로 돌아갑니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

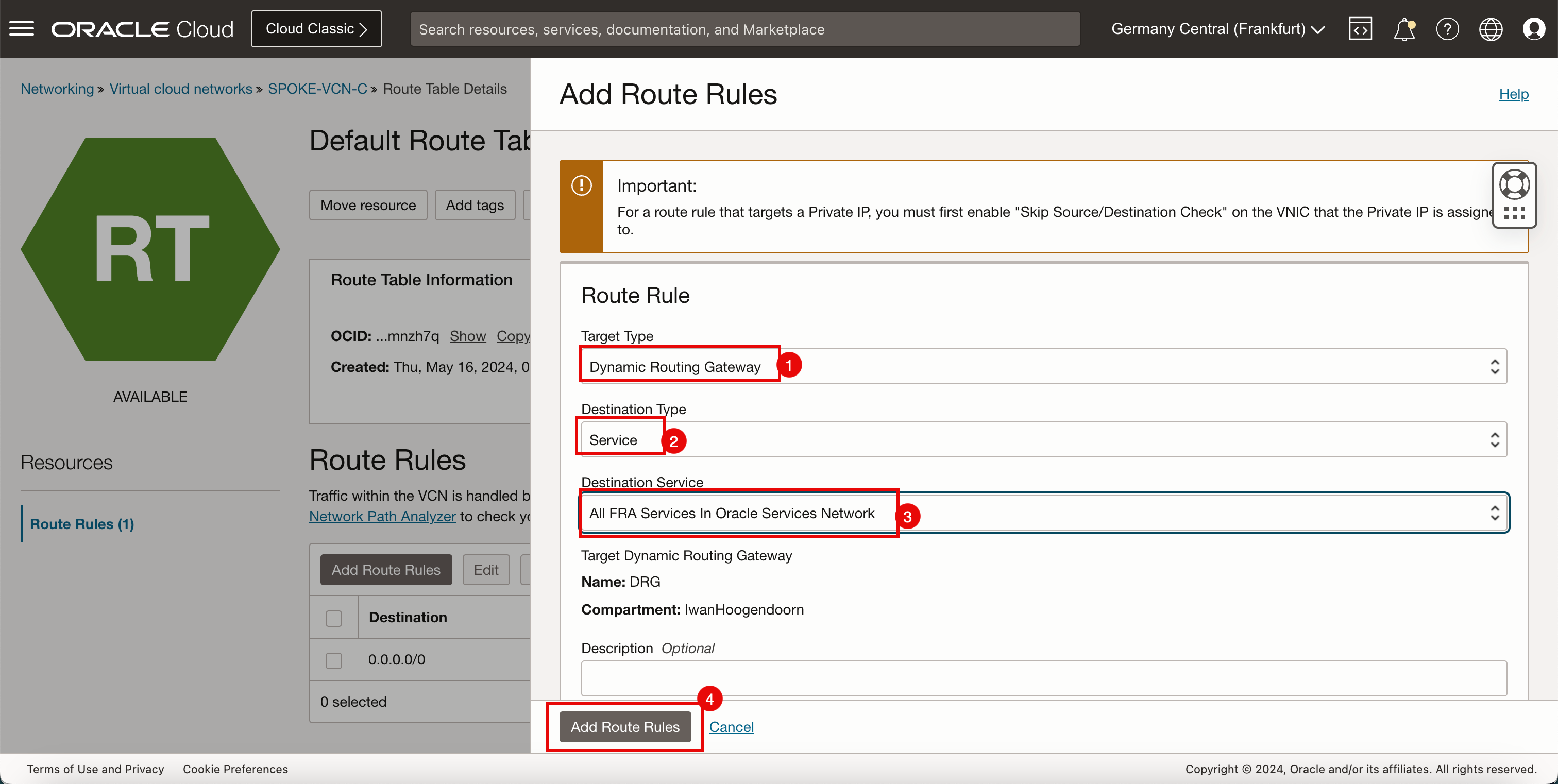

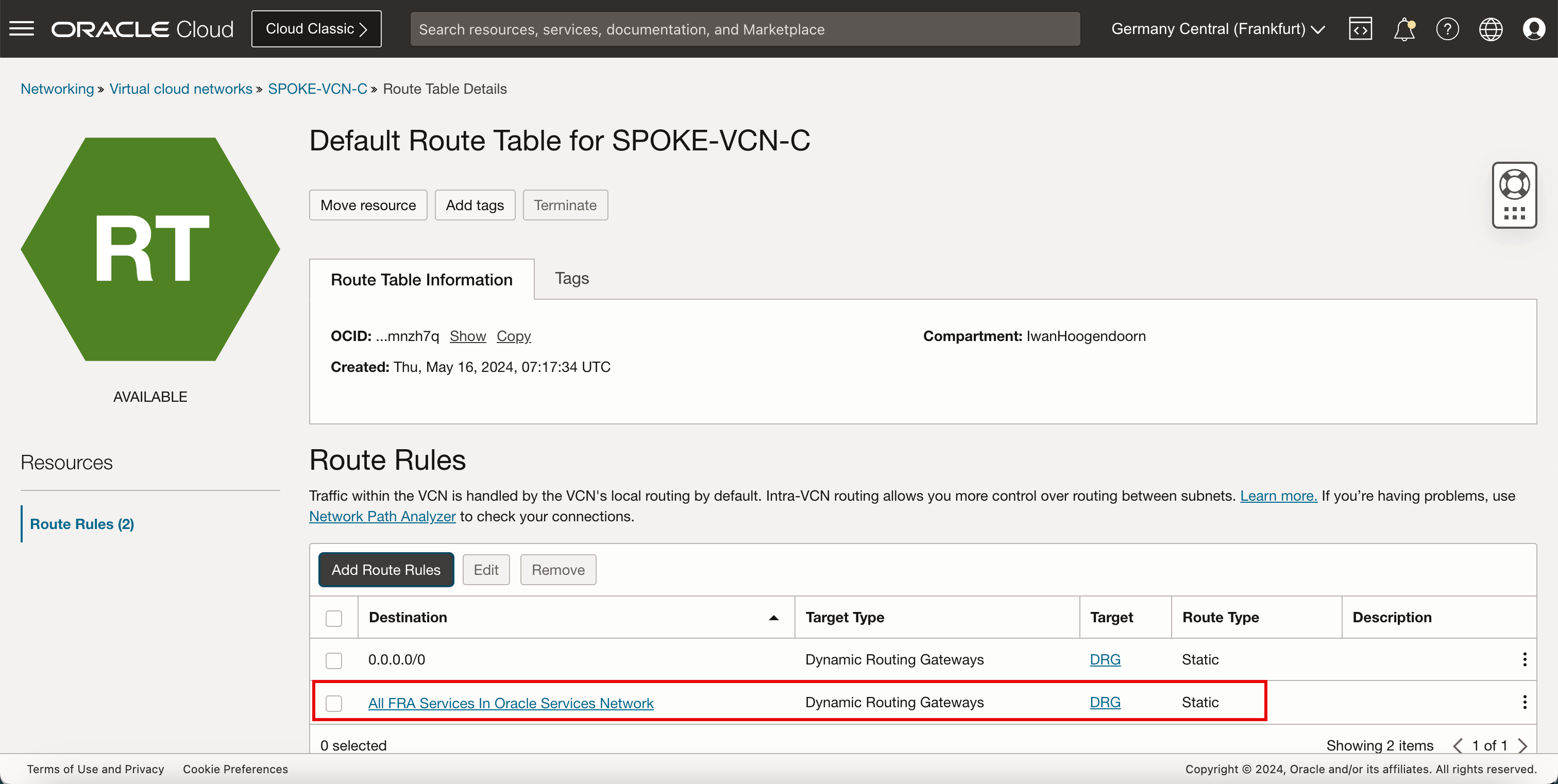

스포크 VCN C에서 기본 VCN 경로 지정 테이블을 업데이트합니다.

대상 대상 유형 Target 경로 유형 0.0.0.0/0 동적 경로 게이트웨이 DRG 정적 Oracle Services Network의 모든 FRA 서비스 동적 경로 게이트웨이 DRG 정적 -

스포크 C VCN을 누릅니다.

- 경로 테이블을 누릅니다.

- SPOKE-VCN-C의 기본 경로 테이블을 누릅니다.

-

Add Route Rules를 누릅니다.

- 대상 유형에서 동적 경로 지정 게이트웨이를 선택합니다.

- 대상 유형에서 서비스를 선택합니다.

- 대상 서비스에서 Oracle Services Network의 모든 서비스를 선택합니다.

- Add Route Rules를 누릅니다.

-

이제 OCI 서비스 경로가 Spoke VCN C의 기본 경로 테이블에 추가됩니다.

-

다음 이미지는 지금까지 생성한 항목을 시각적으로 보여줍니다.

-

(서비스) 라우팅 구성으로 인해:

- 트래픽이 DRG로 전송됩니다.

- 그러면 DRG가 트래픽을 서비스 게이트웨이로 라우팅합니다.

-

또한 서비스 게이트웨이는 트래픽을 OCI 서비스 네트워크로 라우팅합니다.

주: OCI 서비스 네트워크는 보안 경로이므로 서비스 네트워크 트래픽은 pfSense 방화벽을 통해 경로 지정되지 않습니다.

-

스포크 VCN A 인스턴스에 Telnet 애플리케이션을 다시 설치하겠습니다.

sudo dnf install telnet명령을 실행하여 스포크 VCN A 인스턴스에 Telnet을 설치합니다.- Is this ok에 Y를 입력합니다.

- 설치는 Complete! 상태입니다.

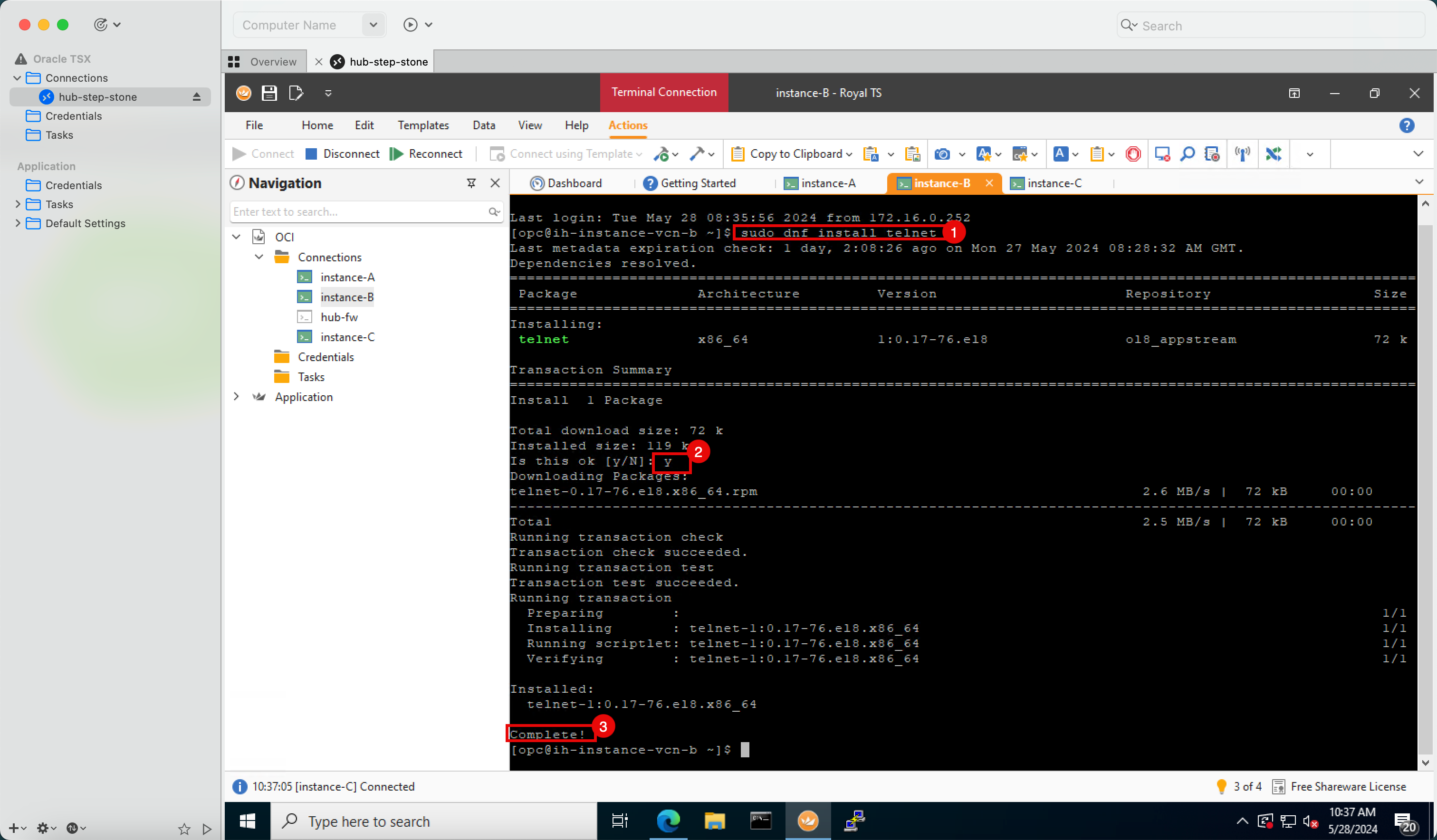

sudo dnf install telnet명령을 실행하여 스포크 VCN B 인스턴스에 Telnet을 설치합니다.- Is this ok에 Y를 입력합니다.

- 설치는 Complete! 상태입니다.

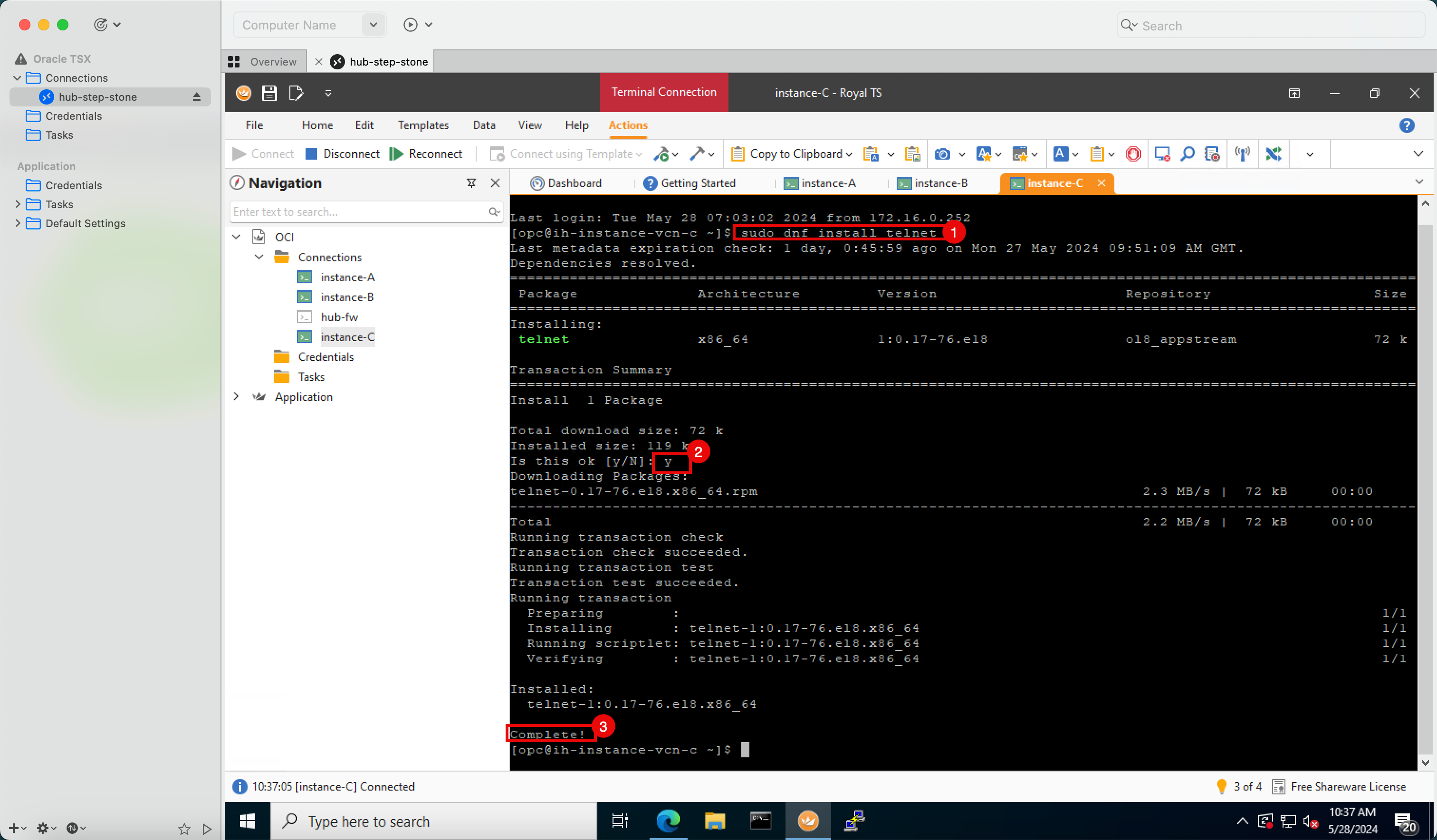

sudo dnf install telnet명령을 실행하여 스포크 VCN C 인스턴스에 Telnet을 설치합니다.- Is this ok에 Y를 입력합니다.

- 설치는 Complete! 상태입니다.

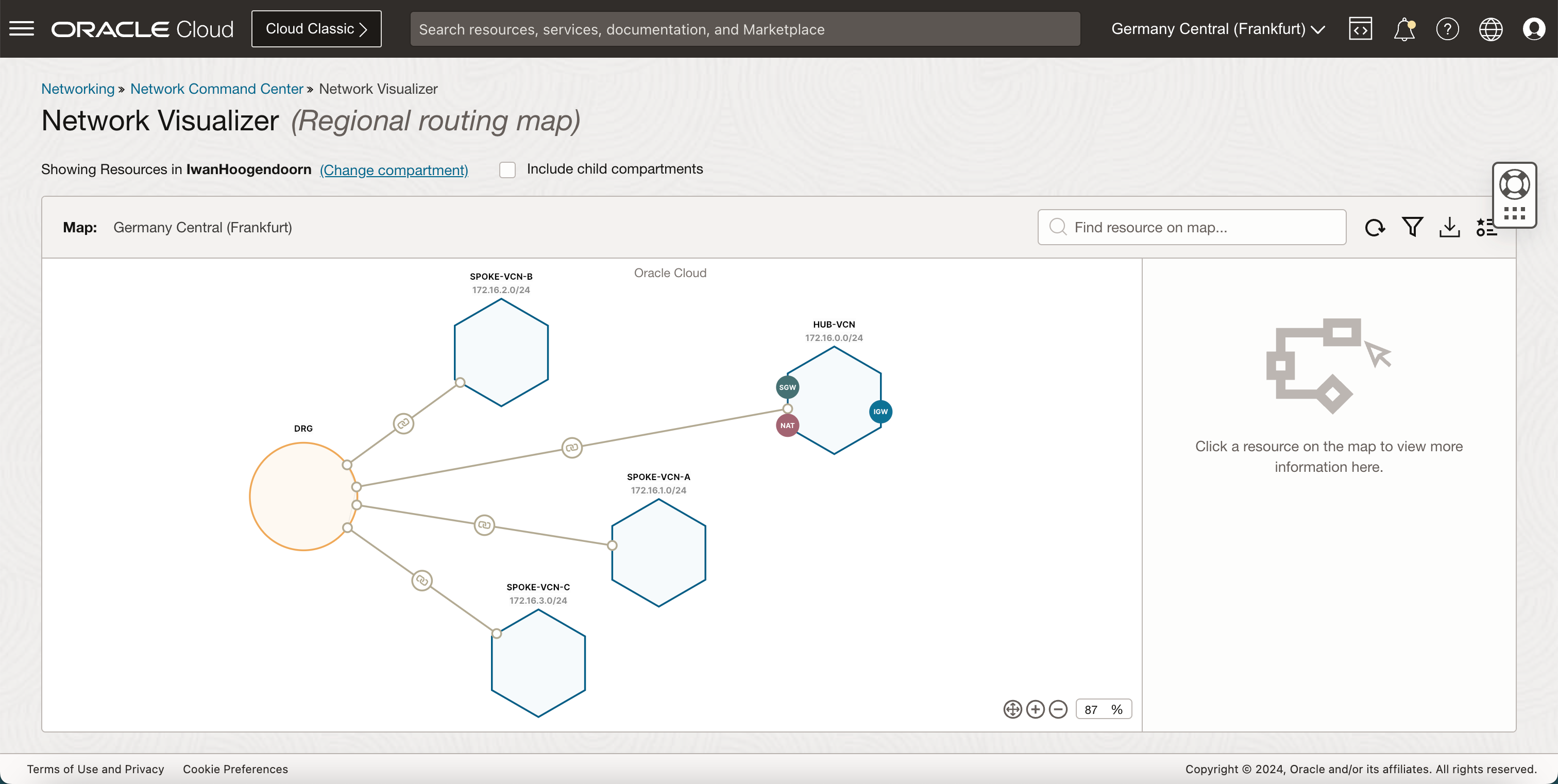

Network Visualizer

Network Visualizer 툴을 사용하여 DRG를 통해 허브 및 스포크 VCN을 그래픽으로 볼 수 있습니다.

확인

-

작성자 - Iwan Hoogendoorn(OCI Network Specialist)

-

제공자 - Anas Abdallah(OCI Network Specialist)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 살펴보거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하십시오. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10014-01

June 2024