참고:

- 이 사용지침서에서는 Oracle Cloud에 접근해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 자격 증명, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마치면 해당 값을 클라우드 환경과 관련된 값으로 대체합니다.

Single Sign-On 및 사용자 프로비저닝을 위해 Okta를 ID 도메인과 통합

소개

실제로 고객이 기업 ID 제공자로 Okta를 사용할 수 있지만 Oracle Cloud에서 호스팅하는 서비스에 접근해야 하는 시나리오가 있을 수 있습니다. 이러한 시나리오에서는 사용자의 라이프사이클 관리를 개선하기 위해 Okta에서 ID 도메인으로 사용자 및 그룹 자동 프로비저닝을 자동화하도록 페더레이션을 설정하는 것이 좋습니다. 이 설정을 통해 사용자는 Okta SSO 인증서를 사용하여 Oracle ID 도메인에서 호스트하는 서비스에 로그인할 수 있습니다.

ID 도메인은 사용자 및 롤 관리, 사용자 통합 및 프로비저닝, SSO(Oracle Single Sign-On) 구성을 통한 보안 애플리케이션 통합, SAML/OAuth 기반 ID 제공자 관리를 위한 컨테이너입니다. OCI(Oracle Cloud Infrastructure) 및 Oracle Identity Cloud Service를 ID 도메인에 최근 병합한 후 고객은 Okta를 ID 도메인과 통합하기 위해 콘솔에서 탐색을 이해해야 합니다.

주요 이점

- 자동화된 사용자 및 그룹 생성/업데이트 및 비활성화/삭제

- 자동화된 사용자 및 그룹 동기화

필요 조건

Okta 및 ID 도메인에 대한 관리 계정

목표

이 통합에 대한 Okta 카탈로그 애플리케이션을 사용하여 SAML 기반 Single Sign-On 및 SCIM 기반의 자동 사용자 및 그룹 프로비전을 설정할 수 있습니다. 이 구성을 게시하면 Okta가 ID 도메인에 대한 ID 제공자로 설정됩니다.

작업 1: Okta에서 응용 프로그램 생성

ID 도메인으로 SSO 및 SCIM 프로비저닝을 설정하려면 Okta 마켓플레이스에서 사용 가능한 Okta에 애플리케이션을 생성해야 합니다.

-

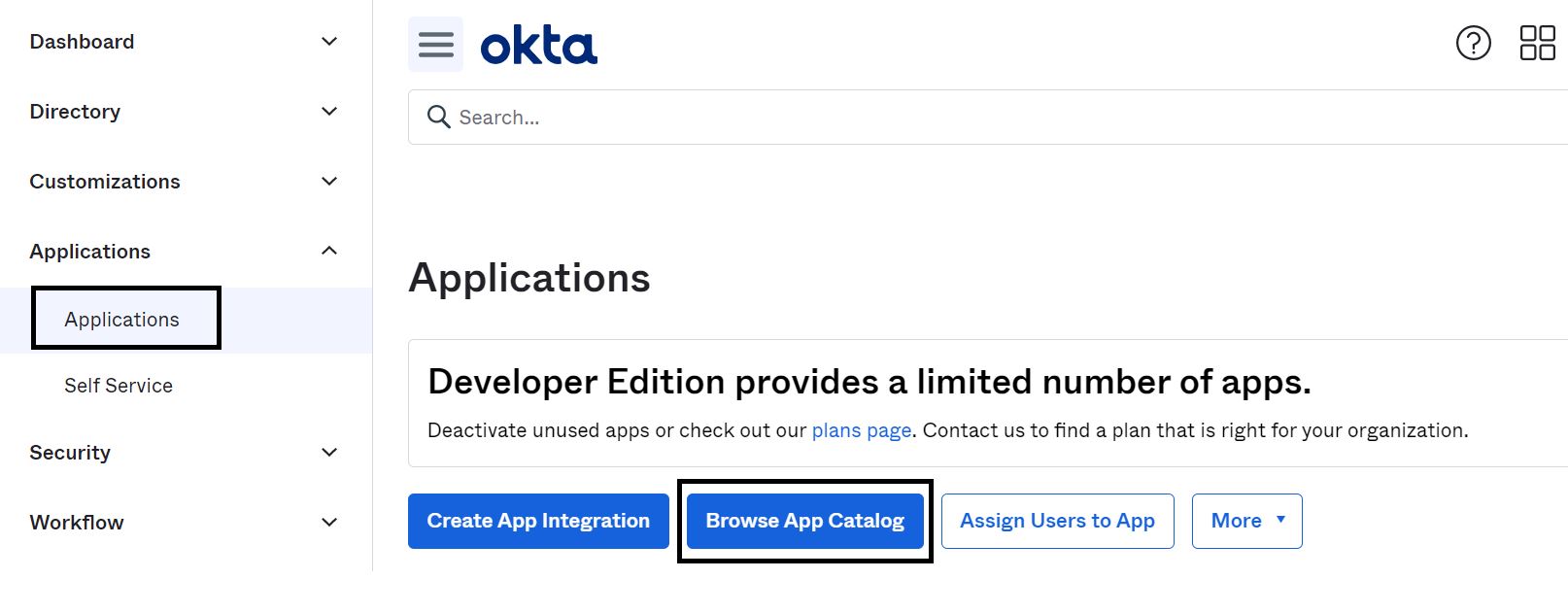

관리자로 Okta에 로그인하고 왼쪽 메뉴에서 애플리케이션으로 이동하여 다음 이미지에서 강조 표시된 대로 앱 카탈로그 찾아보기 옵션을 찾습니다.

-

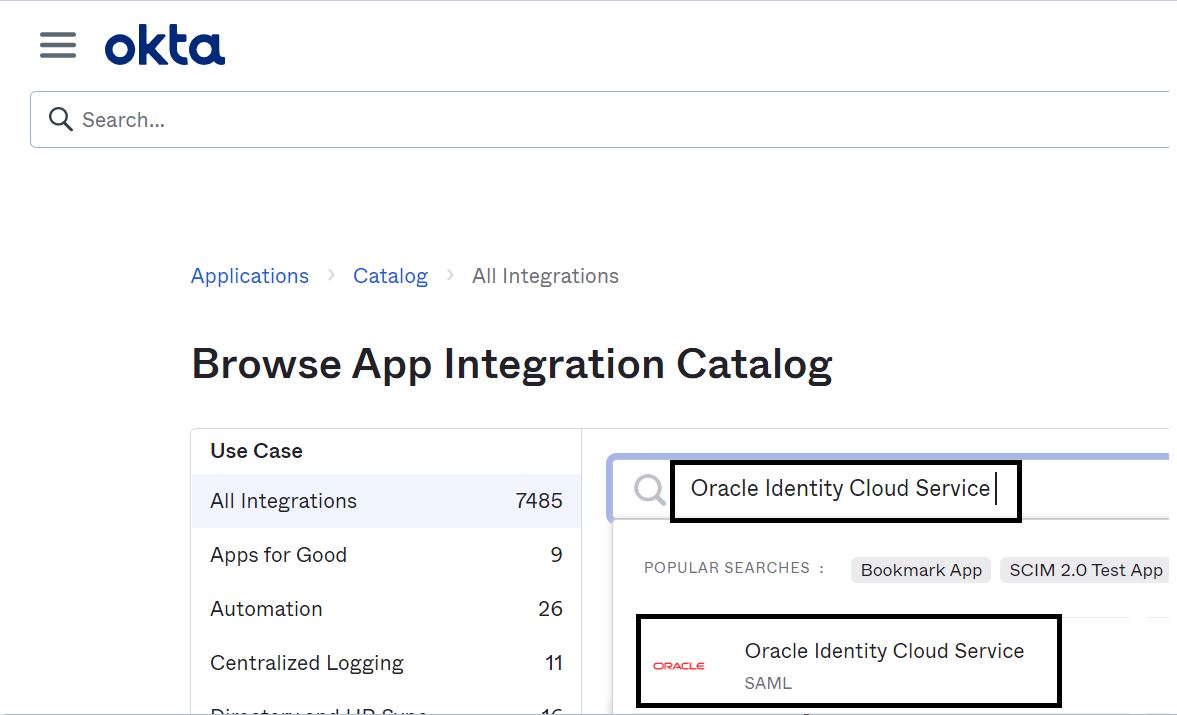

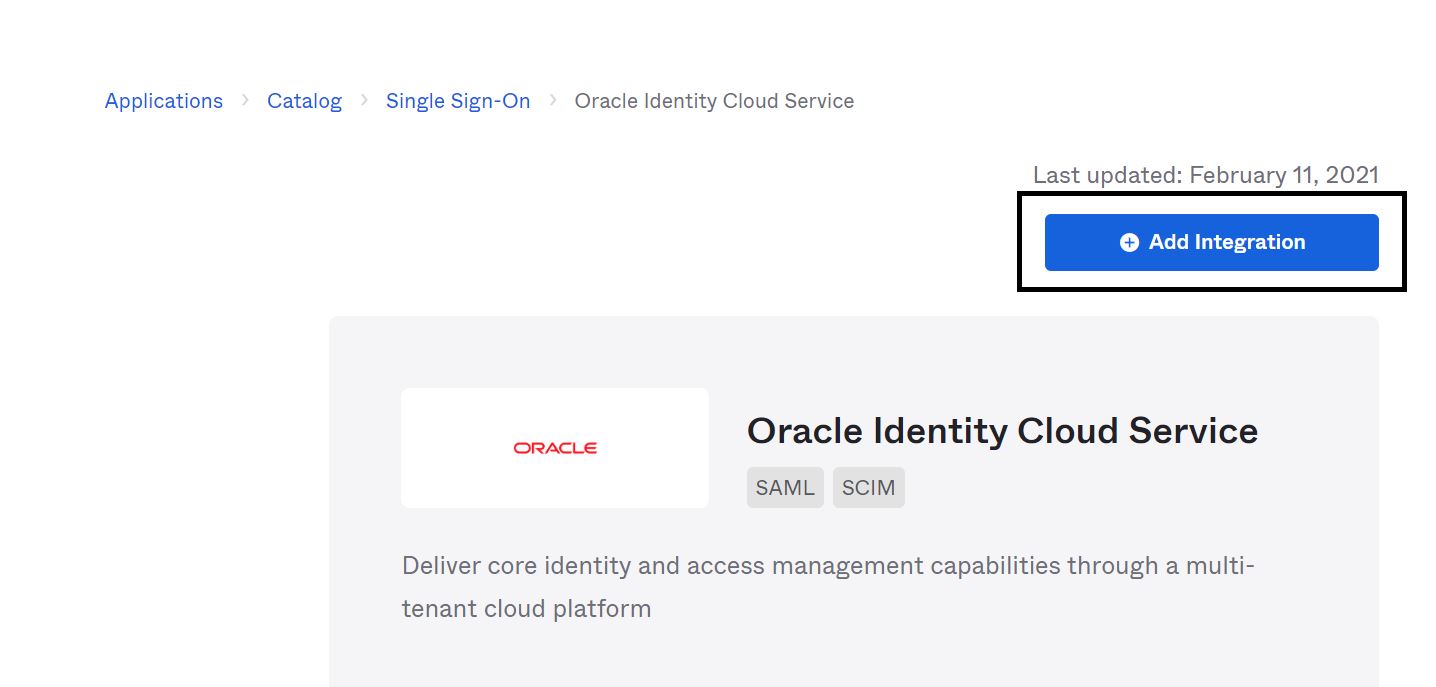

Oracle Identity Cloud Service를 검색하고 애플리케이션을 추가합니다.

-

필요한 세부정보를 사용하여 애플리케이션 마법사에서 필요한 일반 설정을 완료한 다음 완료를 누릅니다.

팁: 하위 도메인을 찾으려면 Okta와 통합할 ID 도메인에 로그인하고 다음 옵션을 통해 이동하십시오.

-

주 메뉴에서 Identity and Security, Domains로 이동하고 적합한 도메인, Overview, Domain URL을 선택합니다.

-

-

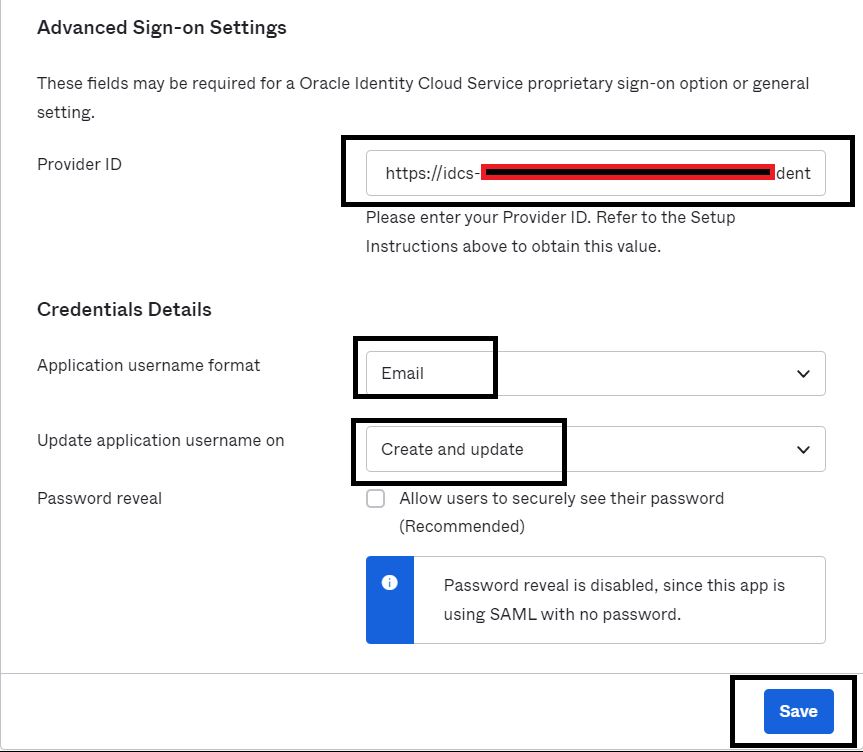

추가된 애플리케이션의 [사인온] 탭으로 이동하여 다음 세부정보를 업데이트하고 저장을 누릅니다.

-

기본 릴레이 상태: https://idcs-$DOMAIN_INSTANCE_ID.identity.oraclecloud.com/ui/v1/myconsole. Oracle Identity Domains에서 Single Sign-On 후 사용자가 로그인한 URL입니다. 필요한 경우 Oracle Identity Domains에서 보호되는 애플리케이션 URL일 수도 있습니다.

-

제공자 ID: https://idcs-$DOMAIN_INSTANCE_ID.identity.oraclecloud.com:443/fed

-

애플리케이션 사용자 이름 형식: 전자메일(전자메일 주소가 Okta 및 Oracle Identity Domains 모두에서 사용자에 대해 동일하다고 가정함)

-

애플리케이션 사용자 이름 업데이트: 생성 및 업데이트

-

참고: ID 도메인에서 서명 인증서를 받으면 이 단계를 다시 방문하여 Single Log out을 사용으로 설정합니다.

작업 2: Oracle ID 도메인에서 ID 제공자로 Okta 구성

-

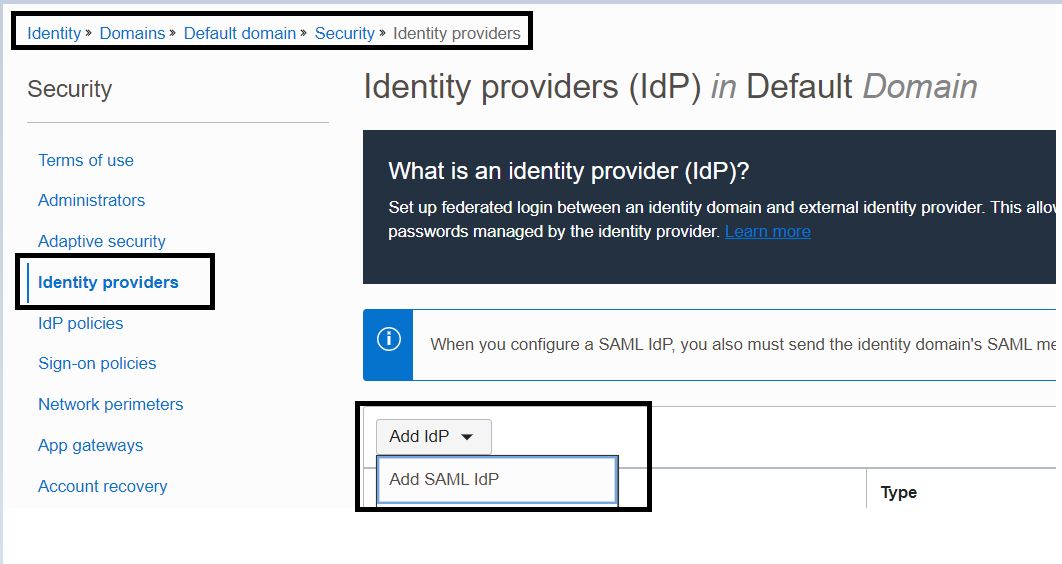

Oracle Identity Infrastructure 테넌시에 관리 사용자로 로그인한 다음 ID 제공자 설정으로 이동하여 SAML IDP 추가를 누릅니다.

-

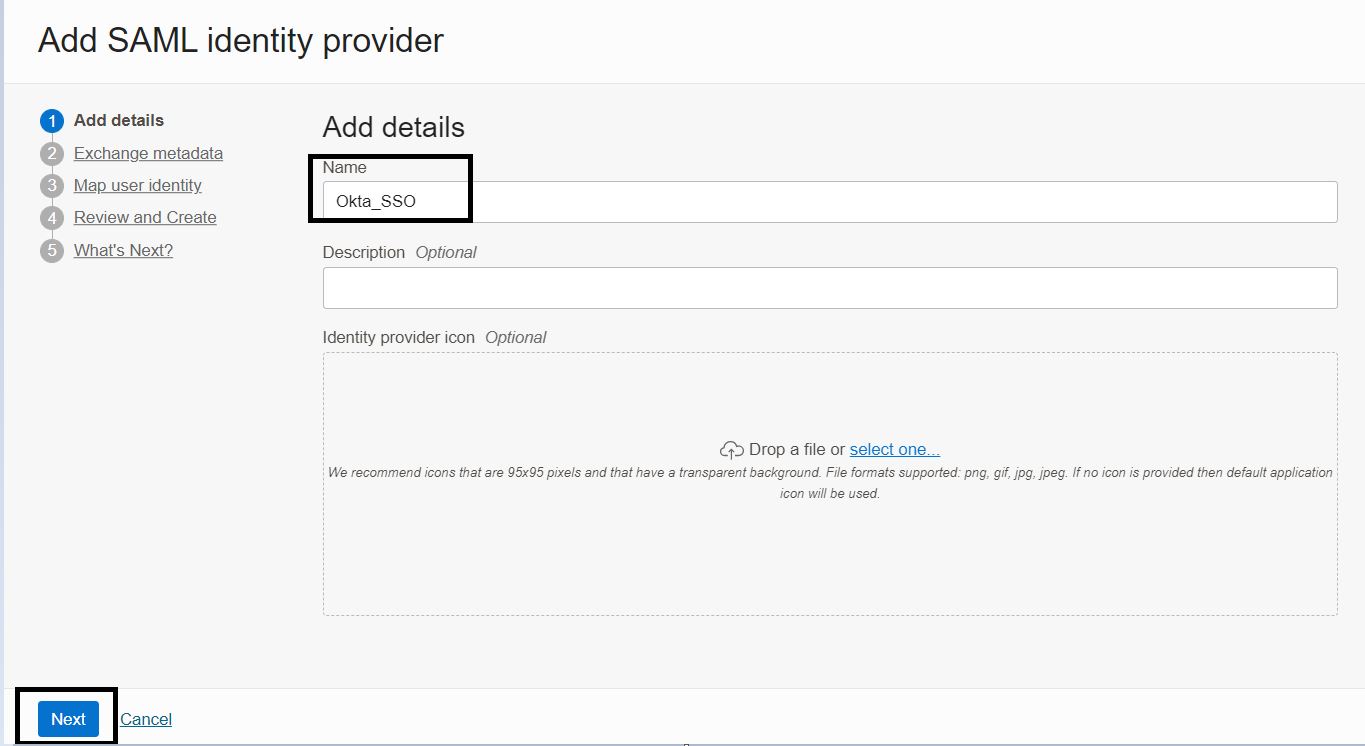

실행되는 마법사에서 화면에 기본 세부 정보를 추가하고 Next를 누릅니다.

-

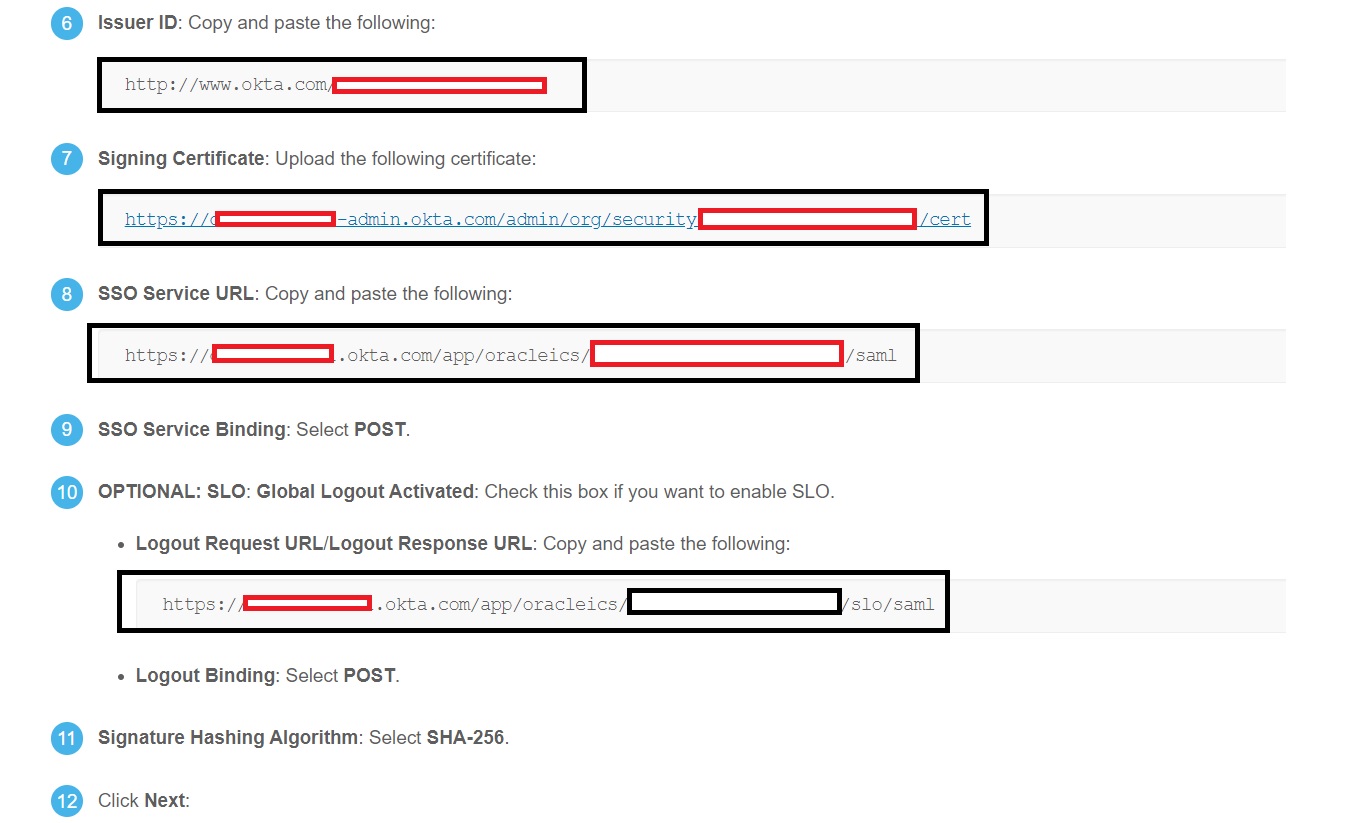

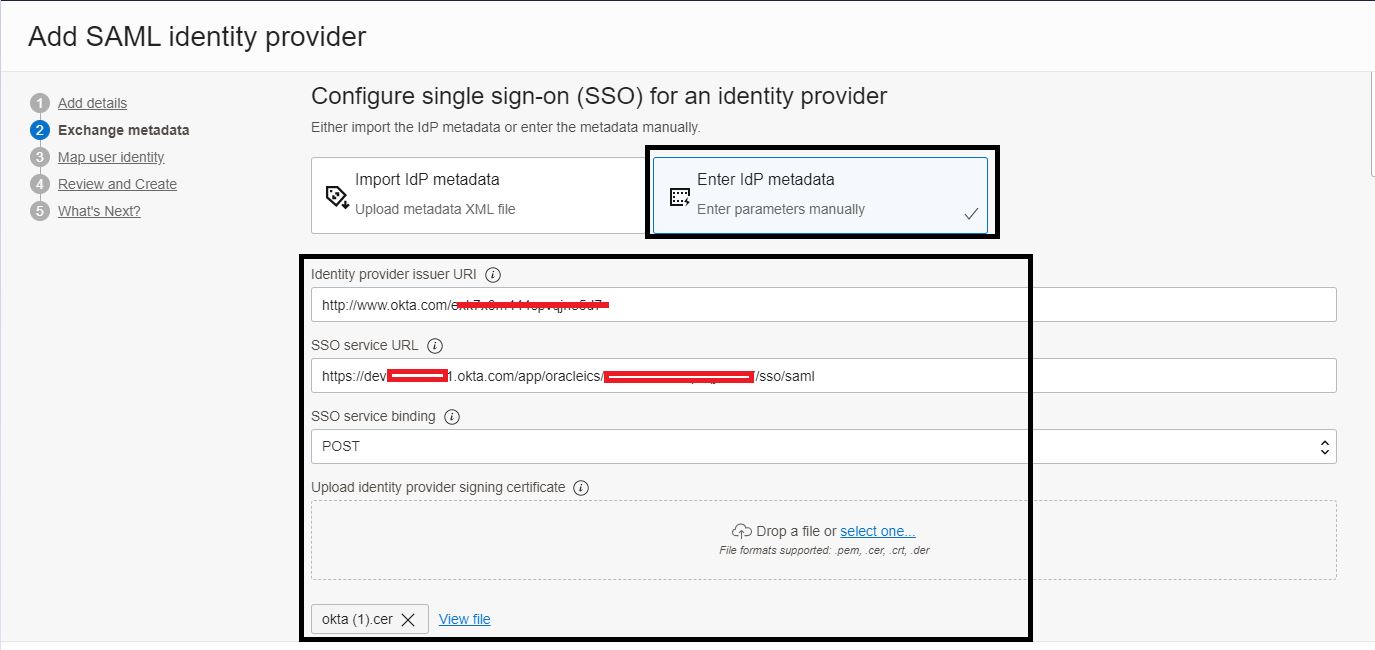

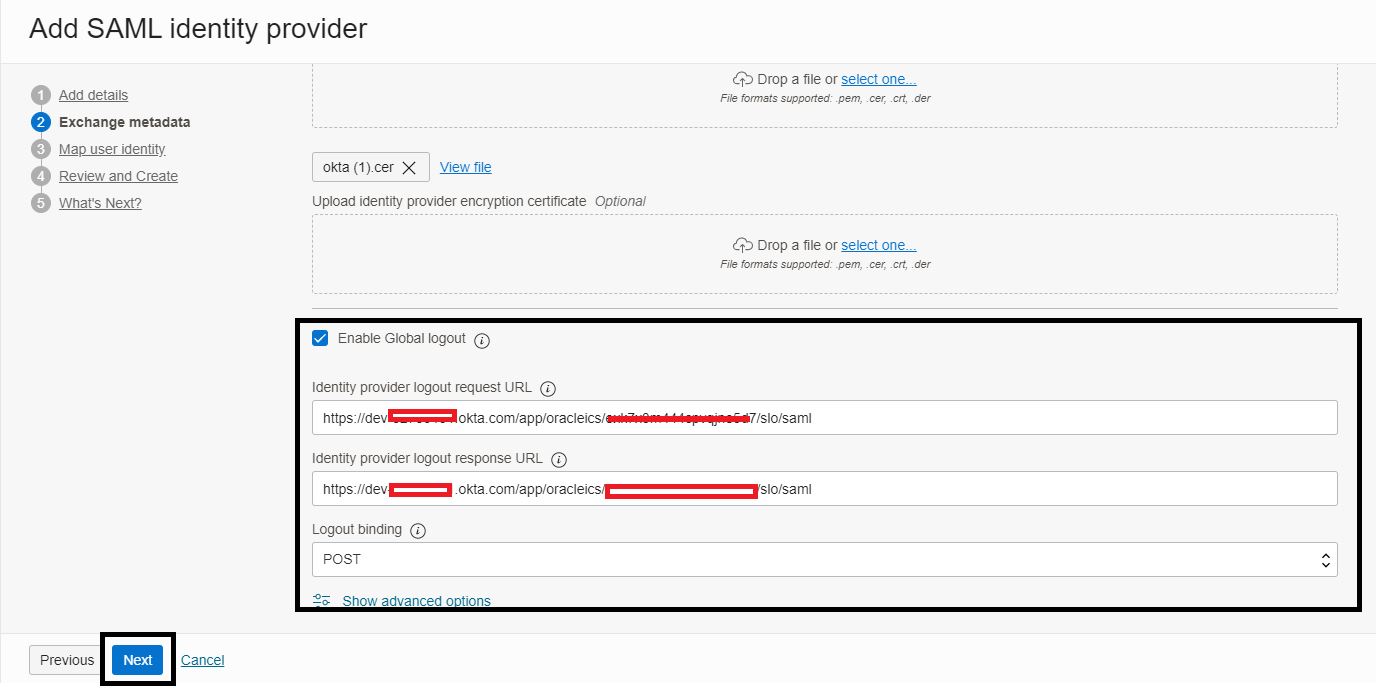

Exchange Metadata 페이지에서 Enter IDP metadata - Enter parameters manually 옵션을 선택하고 다음 세부정보를 업데이트하고 Next를 누릅니다.

참고: 구성된 Okta 애플리케이션의 [사인온] 탭에서 아래로 스크롤하여 필요한 세부정보에 대한 SAML 설정 지침 보기 링크를 찾습니다.

-

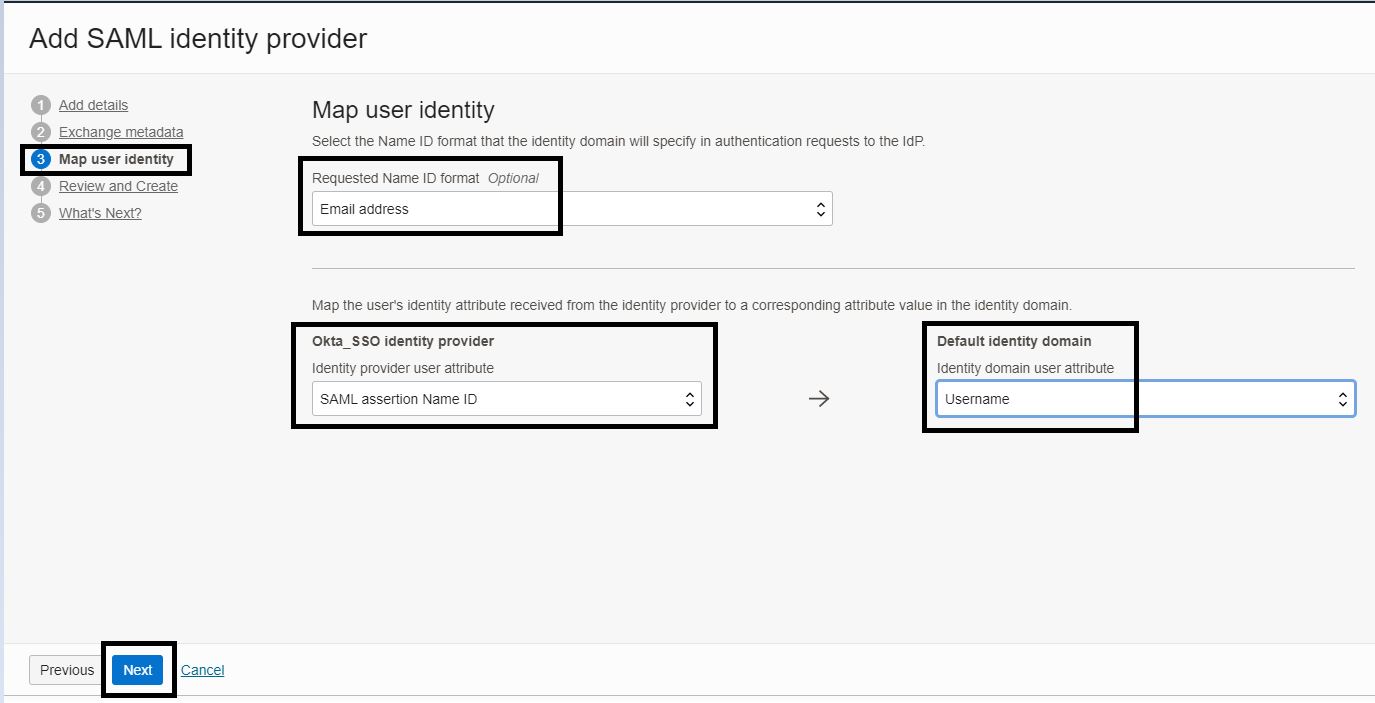

사용자 ID 매핑 페이지에서 다음 세부정보를 업데이트하고 다음을 누릅니다.

-

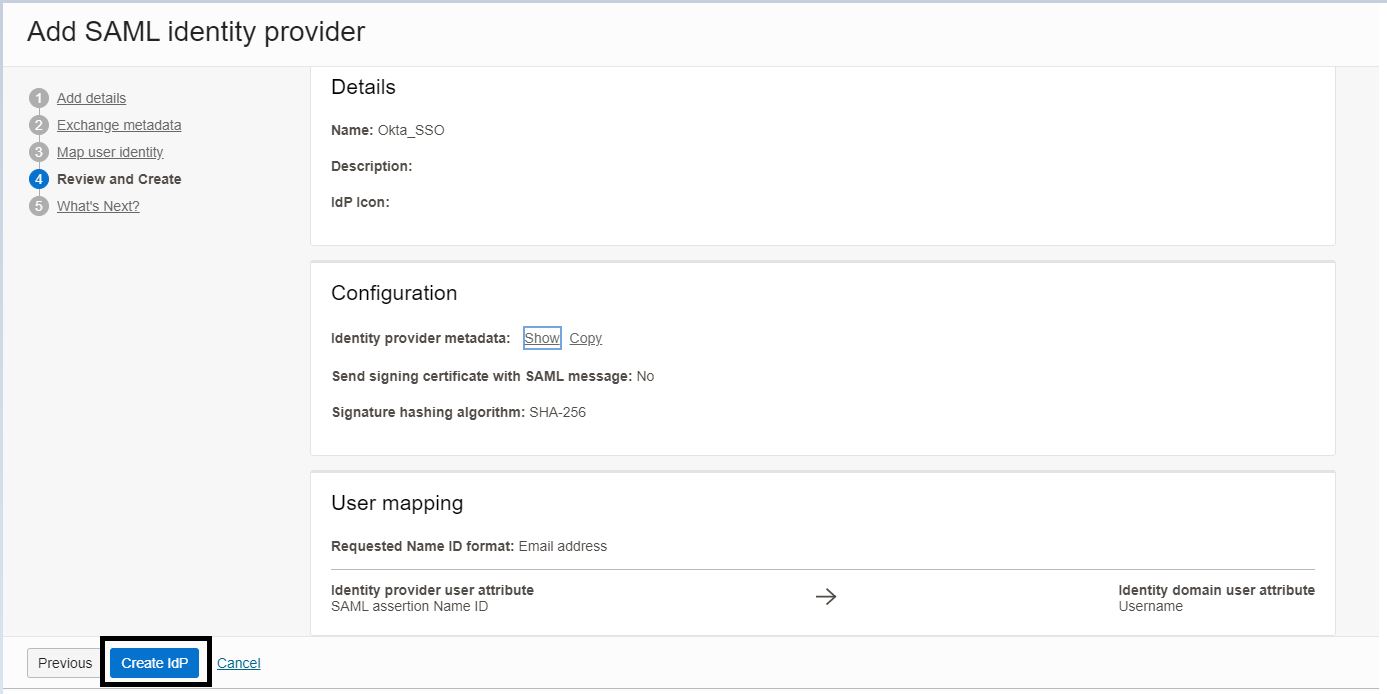

검토 및 생성 페이지에서 설정을 검토한 다음 IdP 생성을 누릅니다.

-

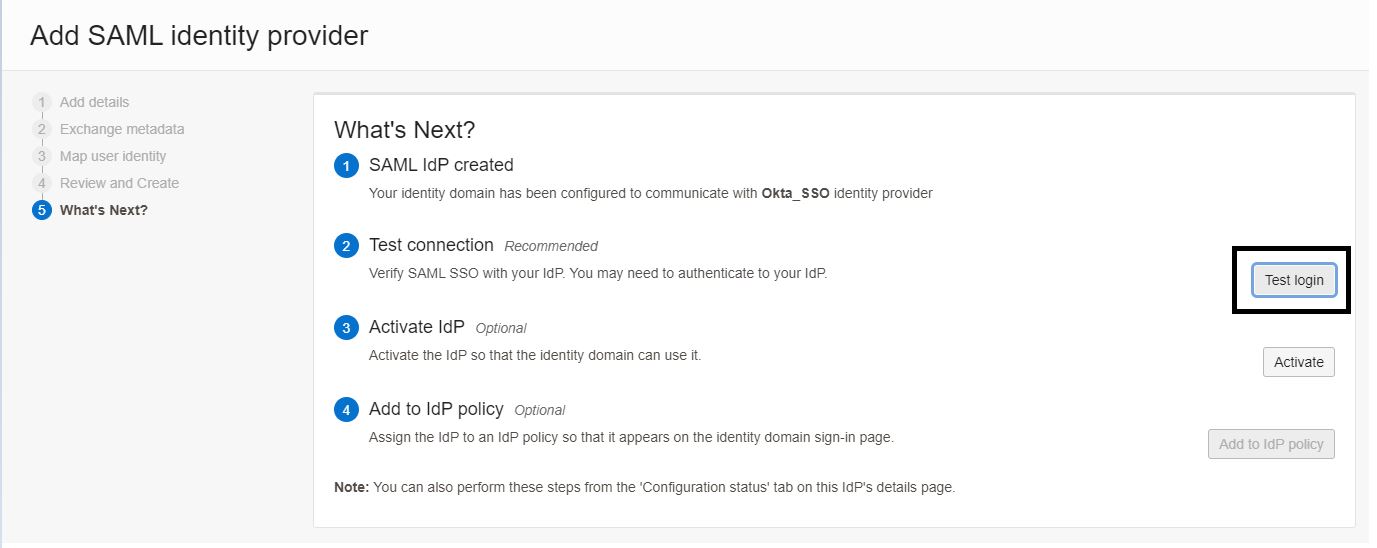

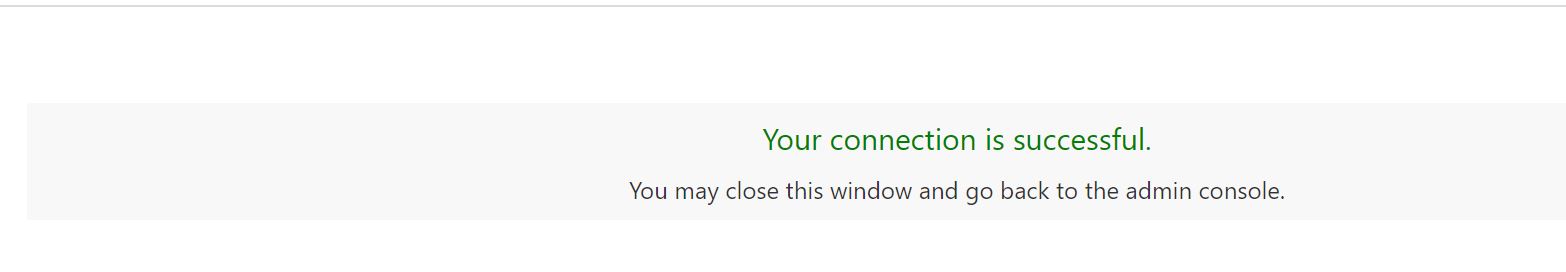

다음 단계 페이지에서 로그인 테스트를 눌러 구성을 검증합니다. 아래에 표시된 대로 성공 메시지가 나타나야 합니다.

참고: 이 통합을 테스트 중인 사용자는 Okta 애플리케이션과 아래에 표시되어야 합니다.

-

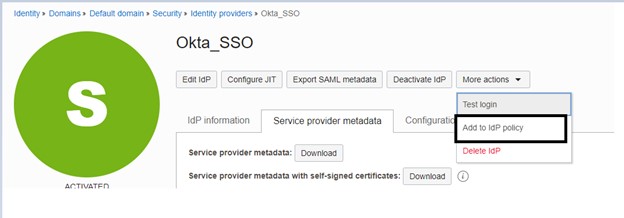

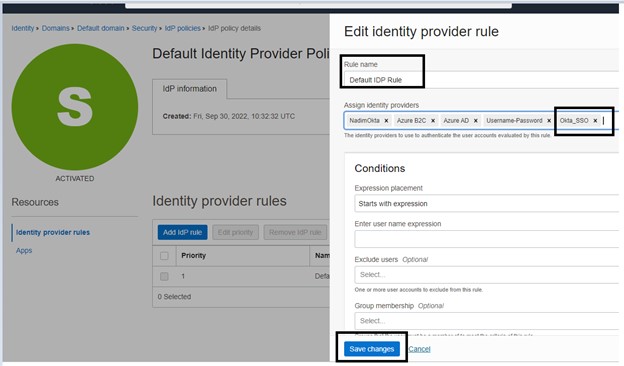

아래 표시된 대로 Activate IdP를 누르고 요구사항의 ID 제공자 규칙에 추가합니다.

작업 3: SCIM 프로비전을 위해 ID 도메인에서 기밀 애플리케이션 설정

SCIM(System for Cross-domain Identity Management)은 사용자 프로비저닝을 자동화할 수 있는 개방형 표준입니다. SCIM은 ID 제공자와 사용자 ID 정보가 필요한 서비스 제공자 간에 사용자 ID 데이터를 전달합니다.

-

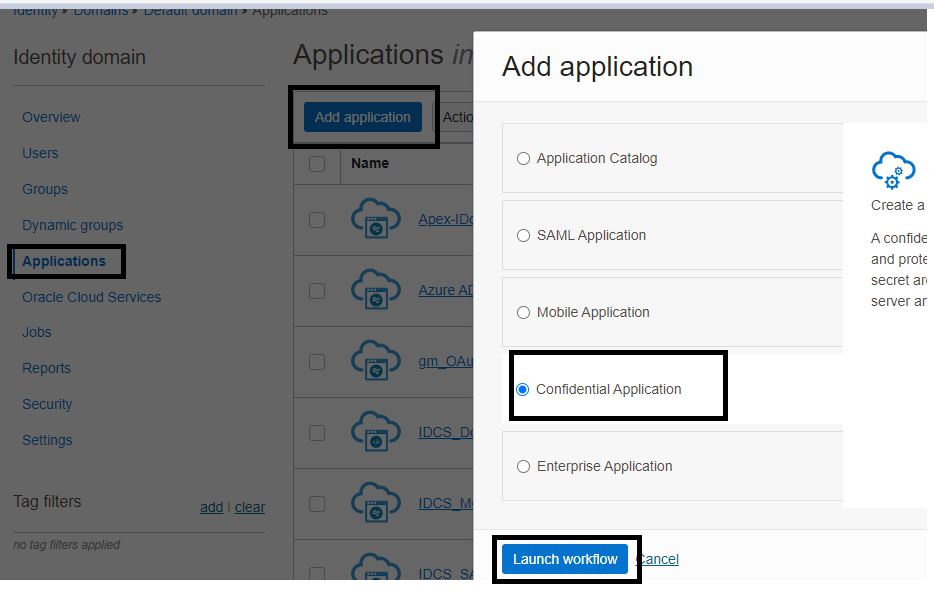

ID 도메인 아래의 애플리케이션 탭으로 이동하여 애플리케이션 추가를 누른 다음 기밀 애플리케이션을 누르고 워크플로우 실행을 누릅니다.

-

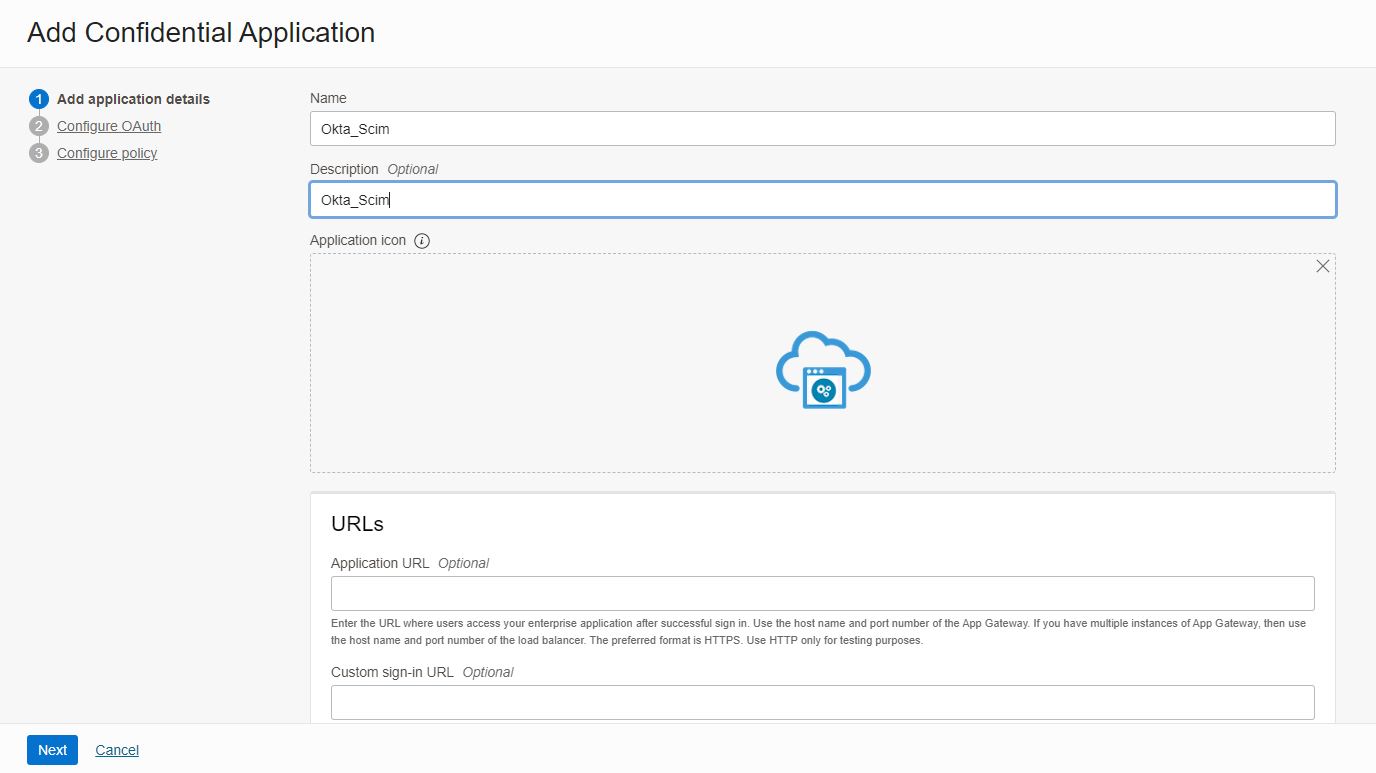

이름 응용 프로그램을 입력하고 다음을 누릅니다.

-

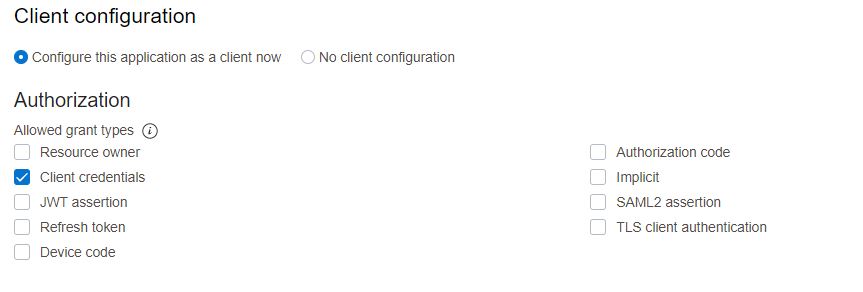

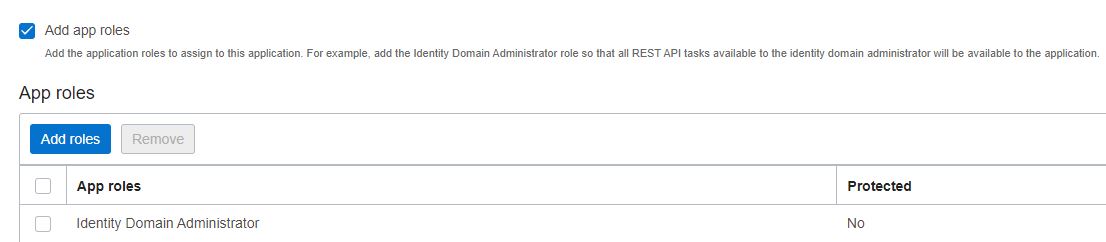

다음 세부정보를 애플리케이션에 추가하고 다음을 누릅니다.

-

애플리케이션을 활성화하고 클라이언트 ID 및 암호를 기록해 둡니다.

작업 4: Okta에서 ID 도메인으로 SCIM 프로비전 사용

-

SCIM 프로비저닝 구성을 위해 Okta 관리 콘솔로 다시 이동합니다. 구성된 애플리케이션을 누르고 프로비전 탭을 누릅니다.

-

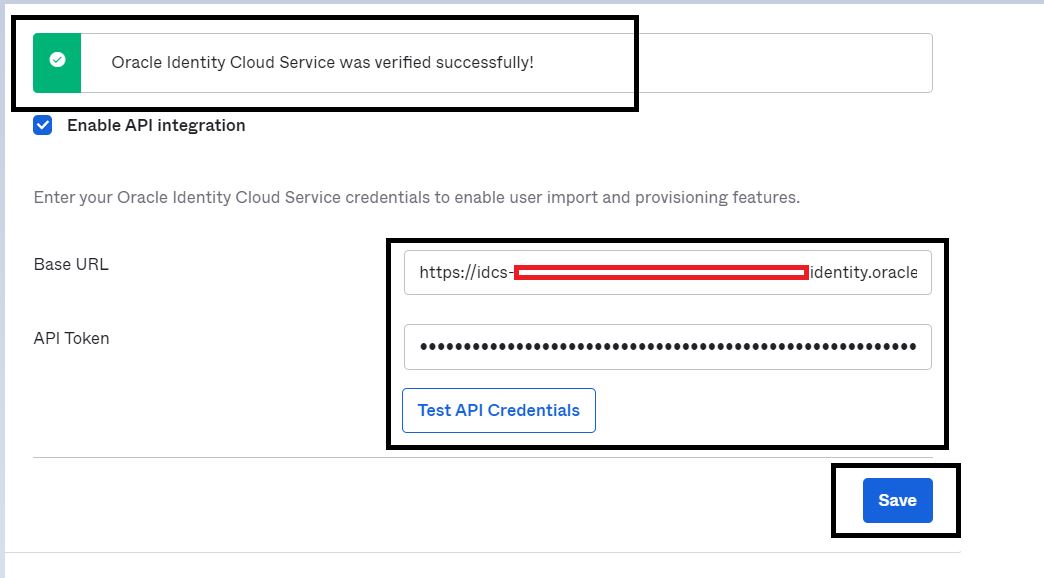

구성된 애플리케이션의 프로비전 섹션에 다음 세부정보를 추가합니다.

-

기본 URL: https://$IDCS_SUBDOMAIN.identity.oraclecloud.com/admin/v1

-

API 토큰: Base64encoded(ClientID:ClientSecret)(이전 단계에서 제공)

-

API 인증서 테스트를 누릅니다.

-

화면에 Successful 메시지가 표시되어야 합니다. 저장을 누릅니다.

-

-

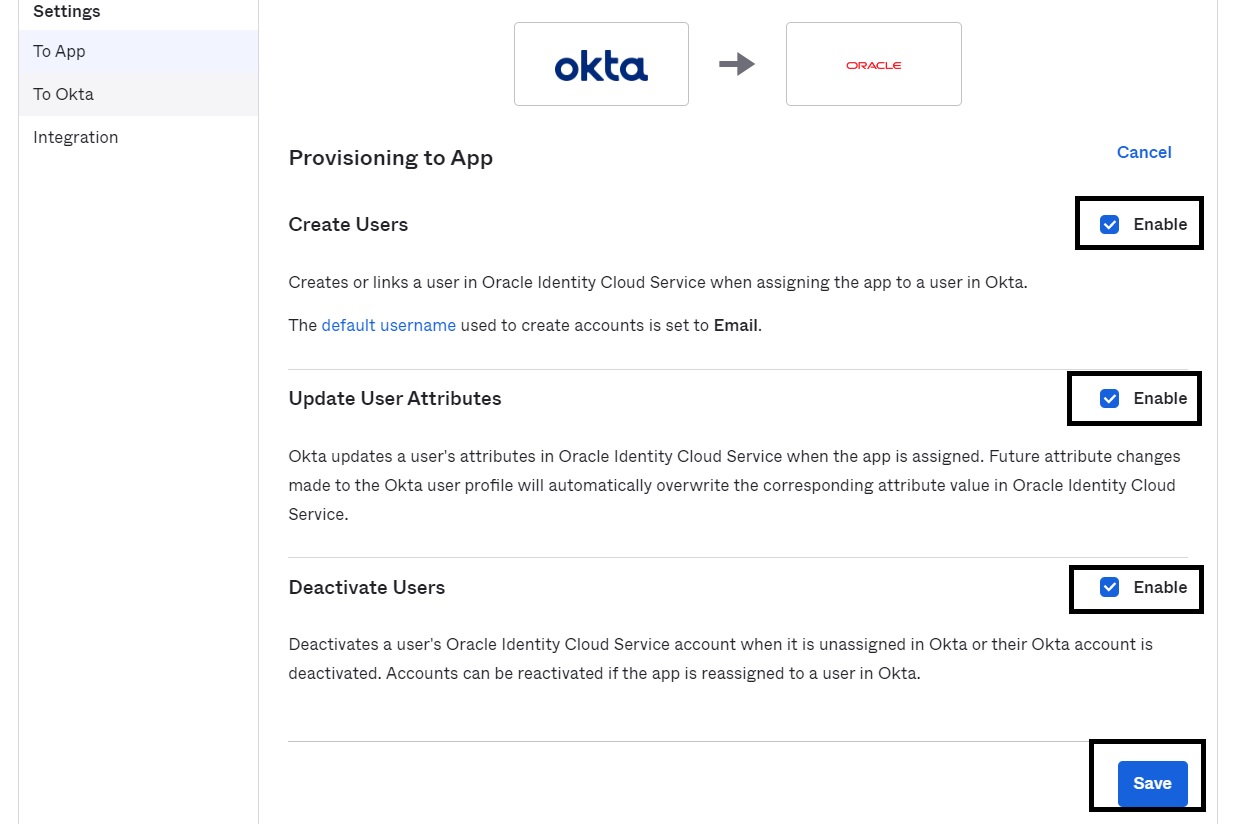

편집을 누르고 사용 옵션을 모두 선택한 다음 저장을 눌러 사용자 프로비전 옵션을 사용으로 설정합니다.

-

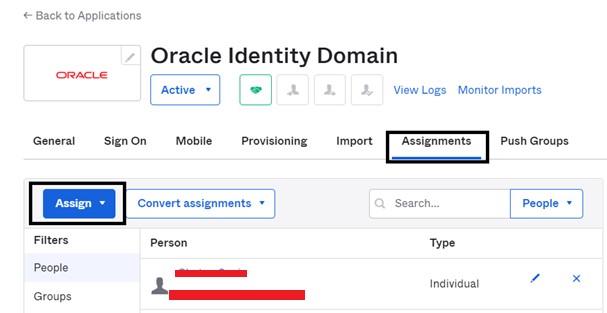

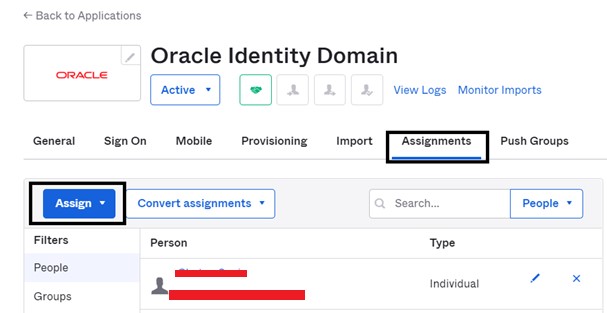

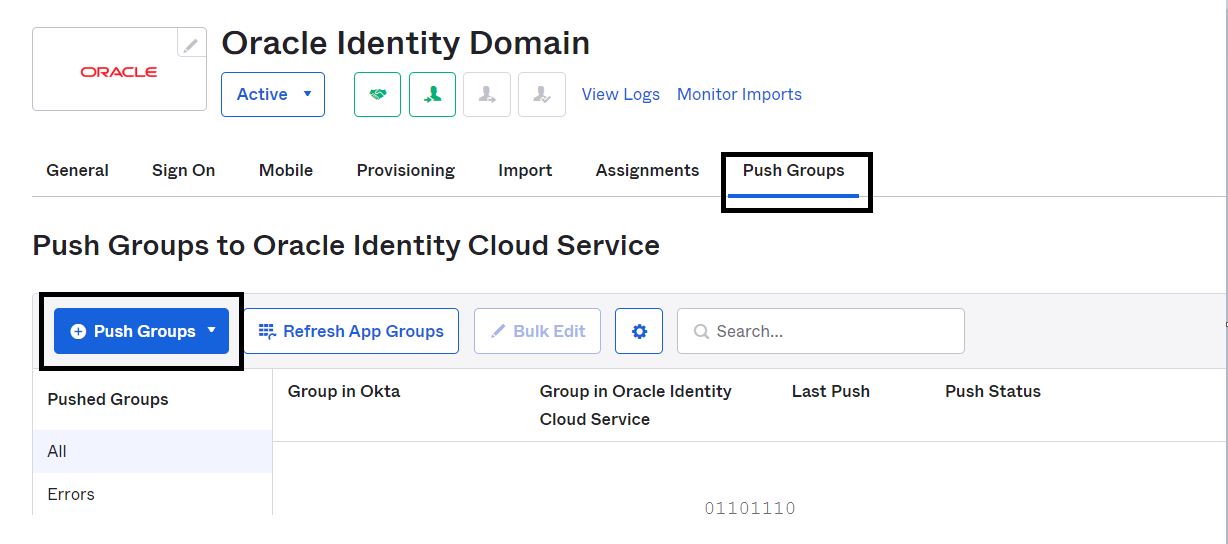

지정 섹션에서 ID 도메인에 동기화할 사용자 및 그룹을 추가합니다.

설정 단계를 완료하면 사용자와 그룹이 Okta에서 ID 도메인으로 동기화됩니다.

관련 링크

수락

작성자 - Chetan Soni(클라우드 솔루션 엔지니어)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 탐색하거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하십시오. 또한 Oracle Learning Explorer가 되려면 education.oracle.com/learning-explorer을 방문하십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Integrate Okta with Identity Domains for Single Sign-On and user provisioning

F77055-01

February 2023

Copyright © 2023, Oracle and/or its affiliates.