주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마칠 때는 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

허브 및 스포크 VCN 라우팅 아키텍처가 포함된 IPSec VPN을 사용하여 온프레미스를 OCI에 연결

소개

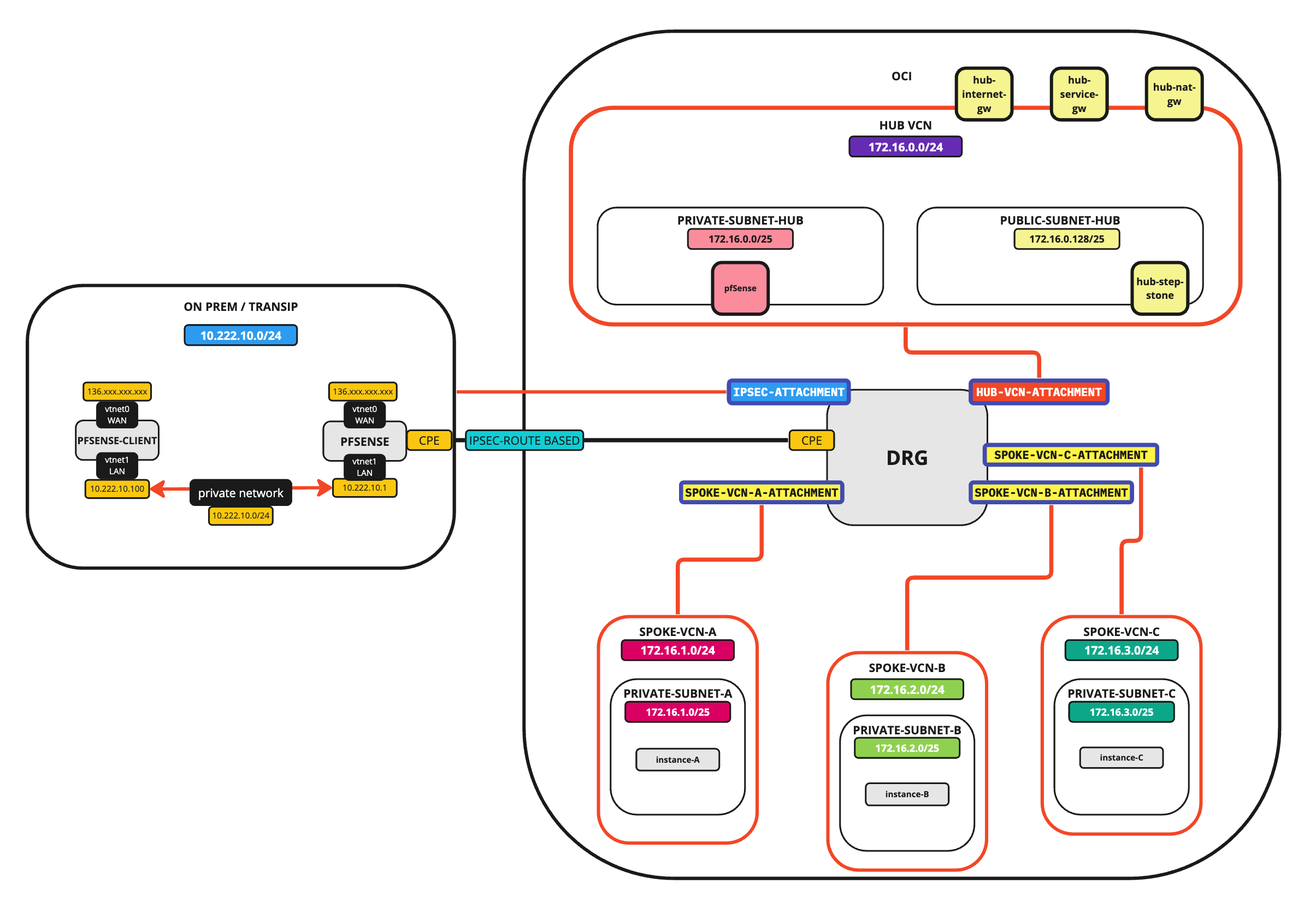

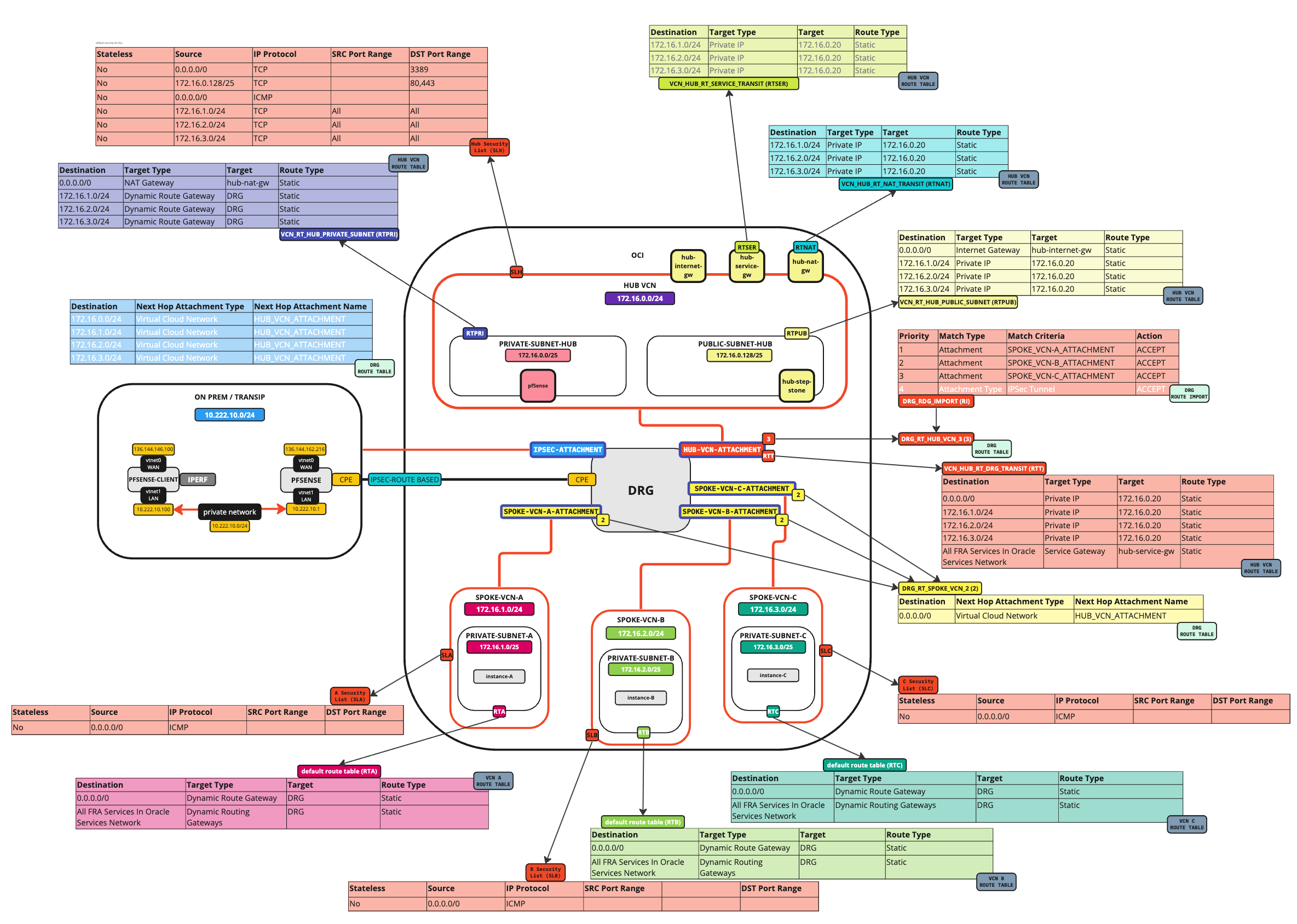

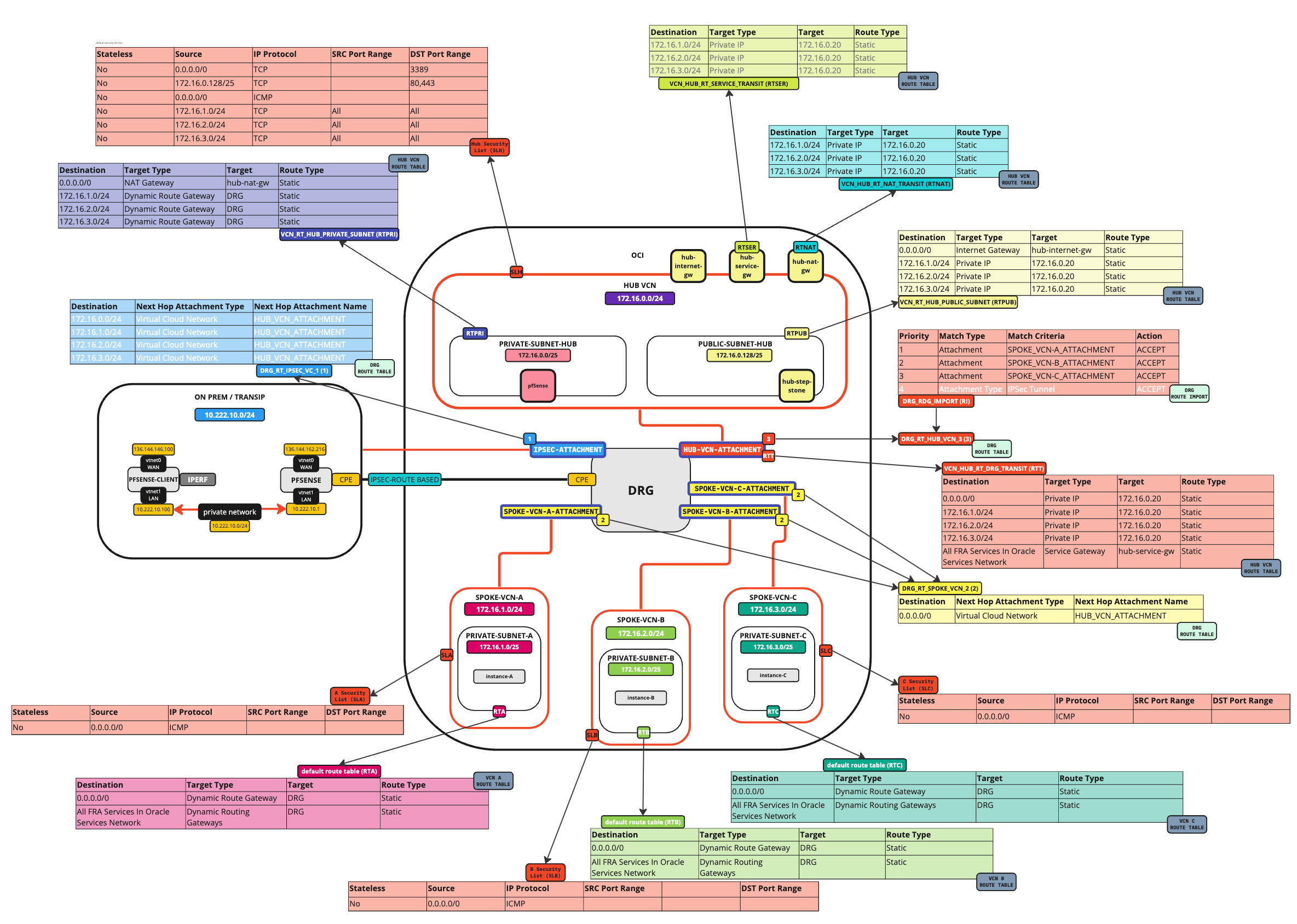

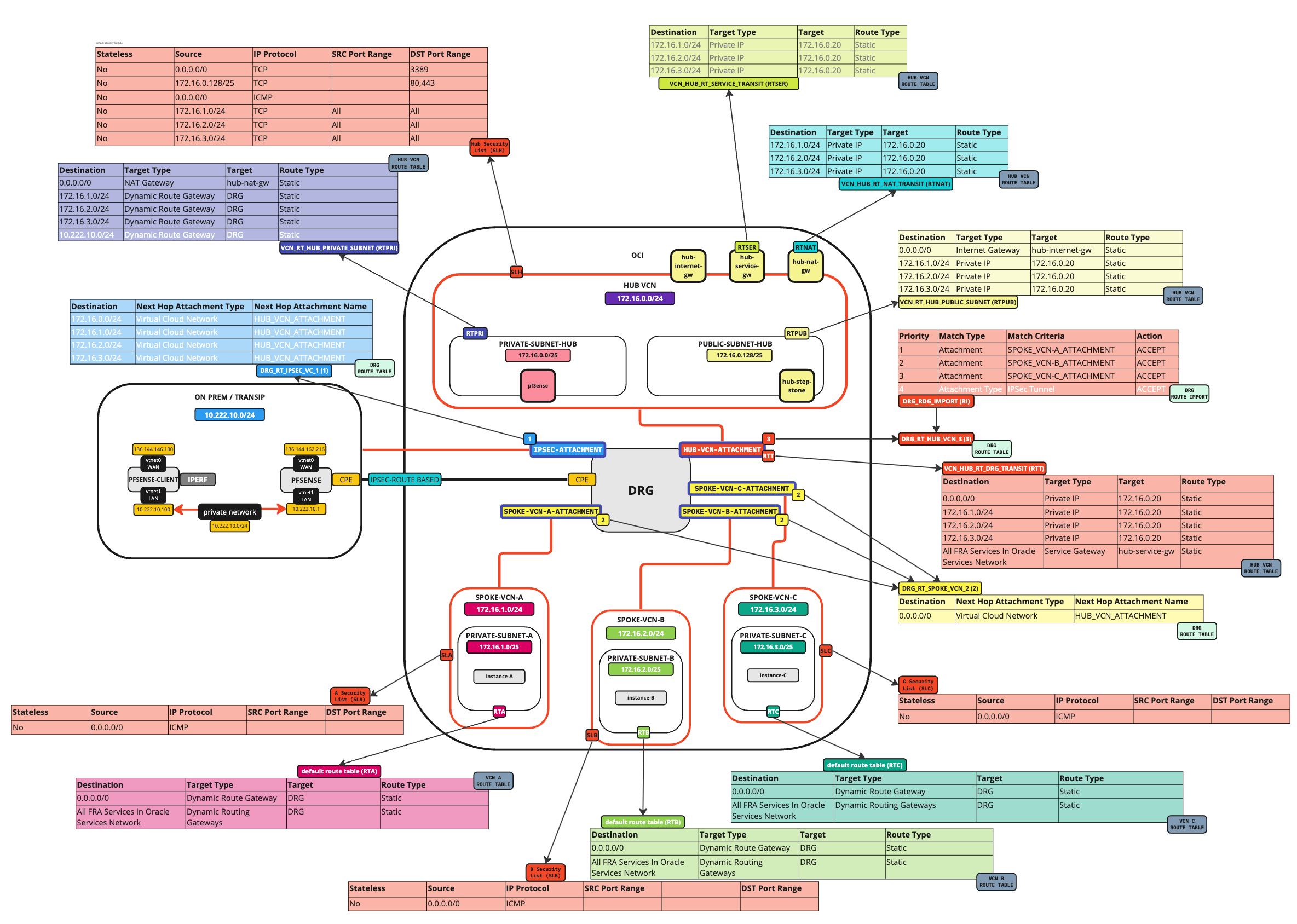

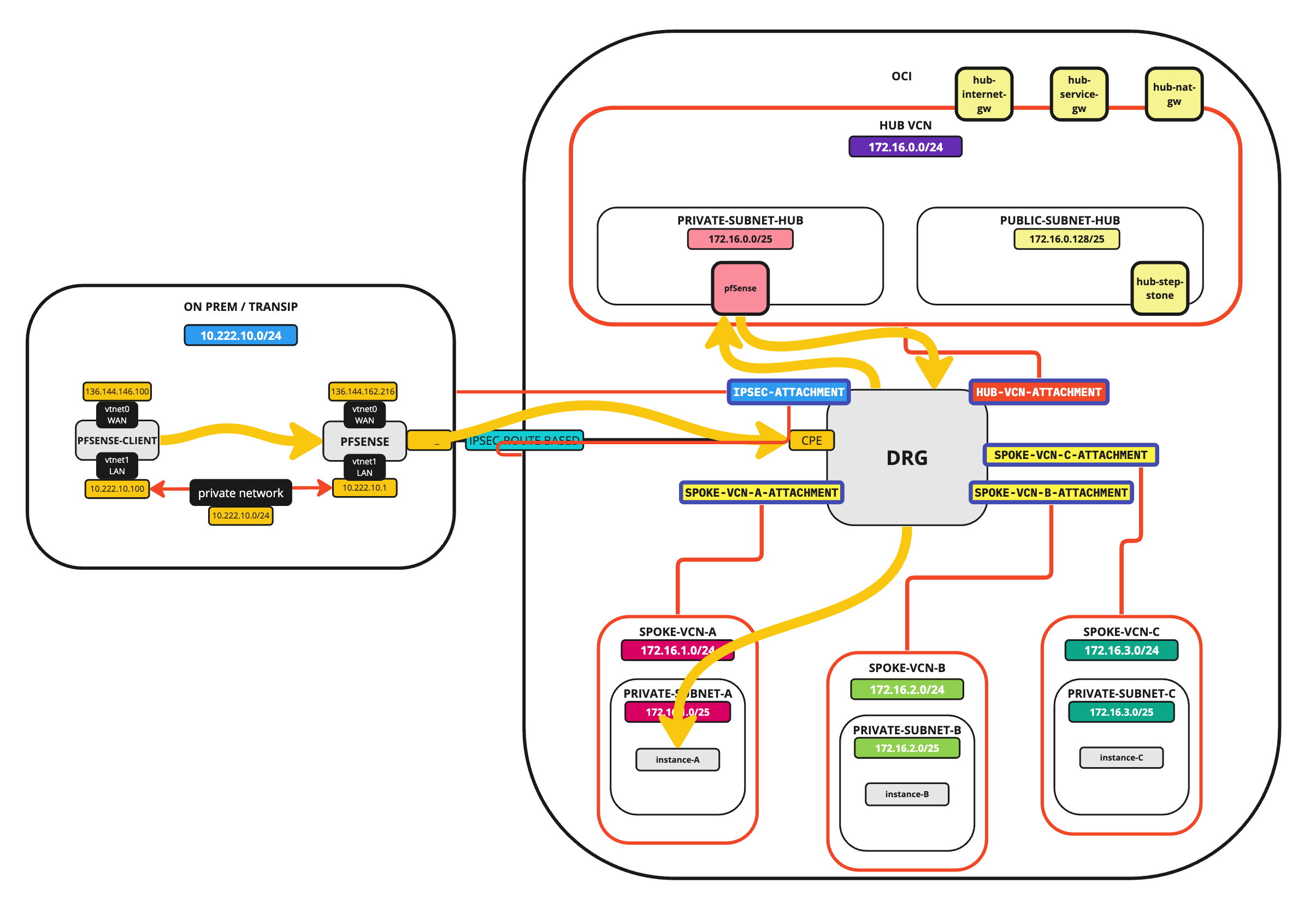

Oracle Cloud Infrastructure(OCI)를 사용하면 온프레미스 환경과 OCI 환경 간에 VPN 연결을 쉽게 구성할 수 있지만, OCI에서 허브 및 스포크 토폴로지를 사용할 때 라우팅에 몇 가지 복잡성을 일으킬 수 있습니다. 이 자습서에서는 OCI에 대한 인터넷 프로토콜 보안(IPSec) VPN 접속을 설정하고, OCI의 리소스에 접속하기 전에 온프레미스 환경의 트래픽이 방화벽 정책에 의해 평가되도록 경로 지정을 구성합니다.

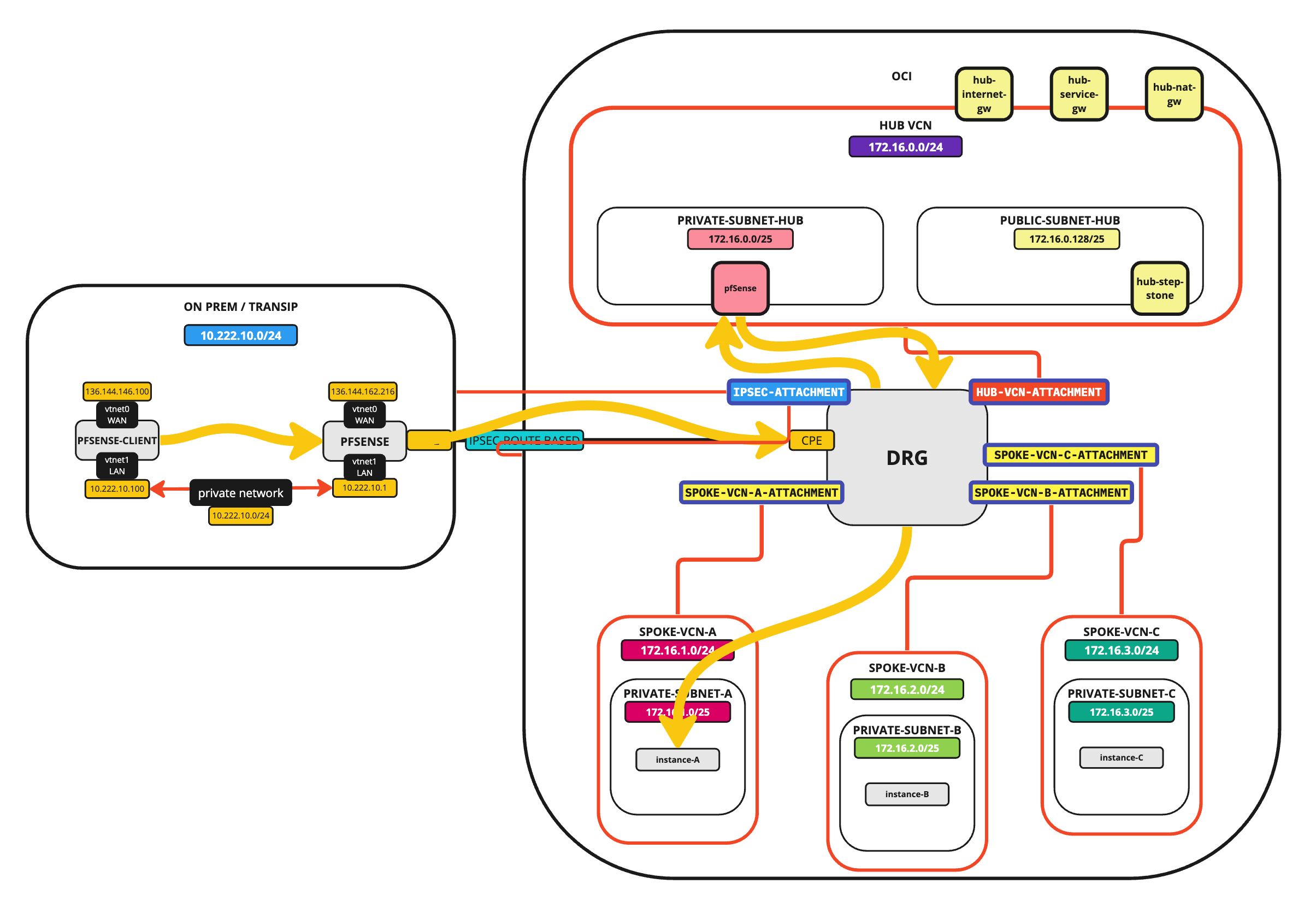

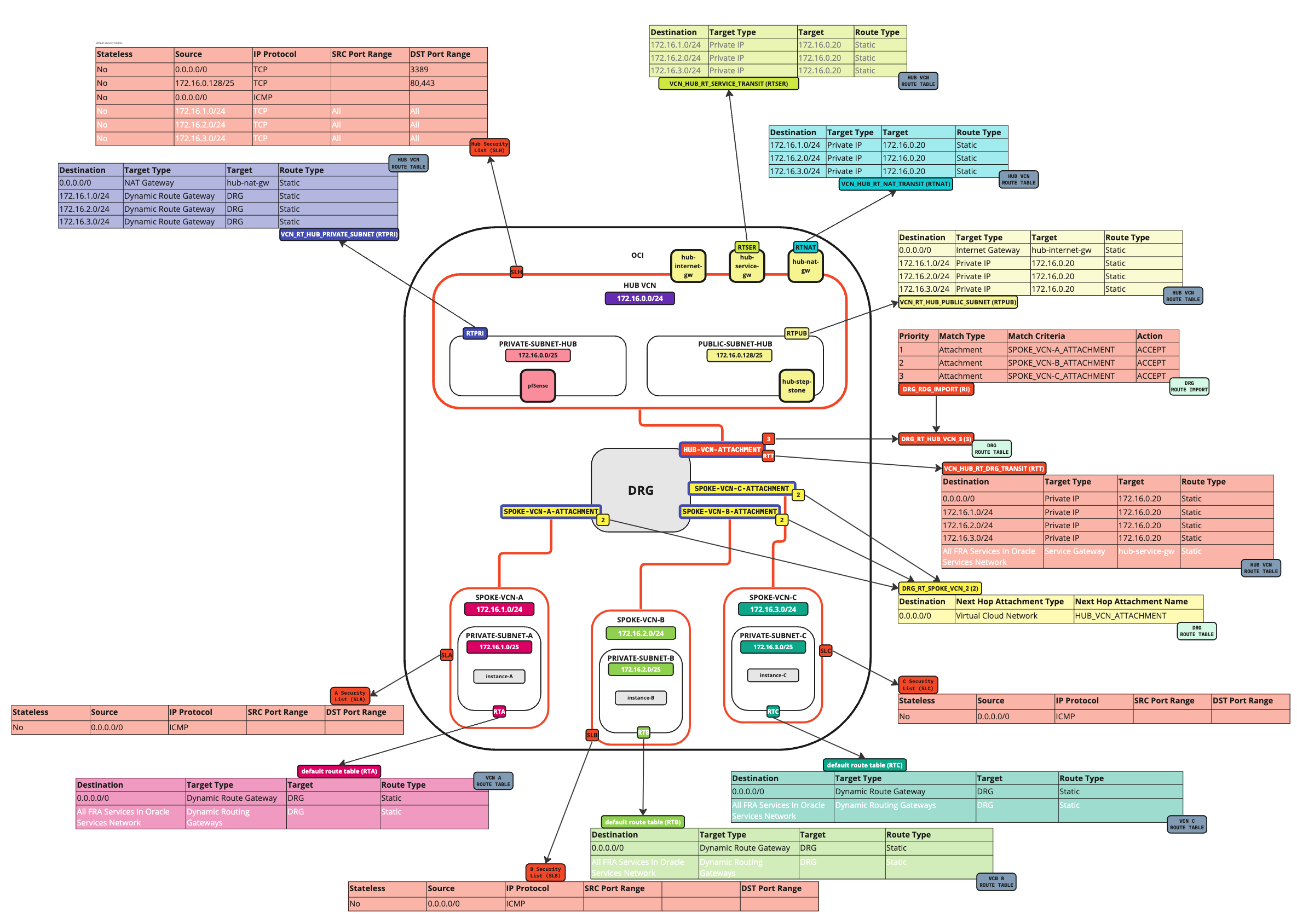

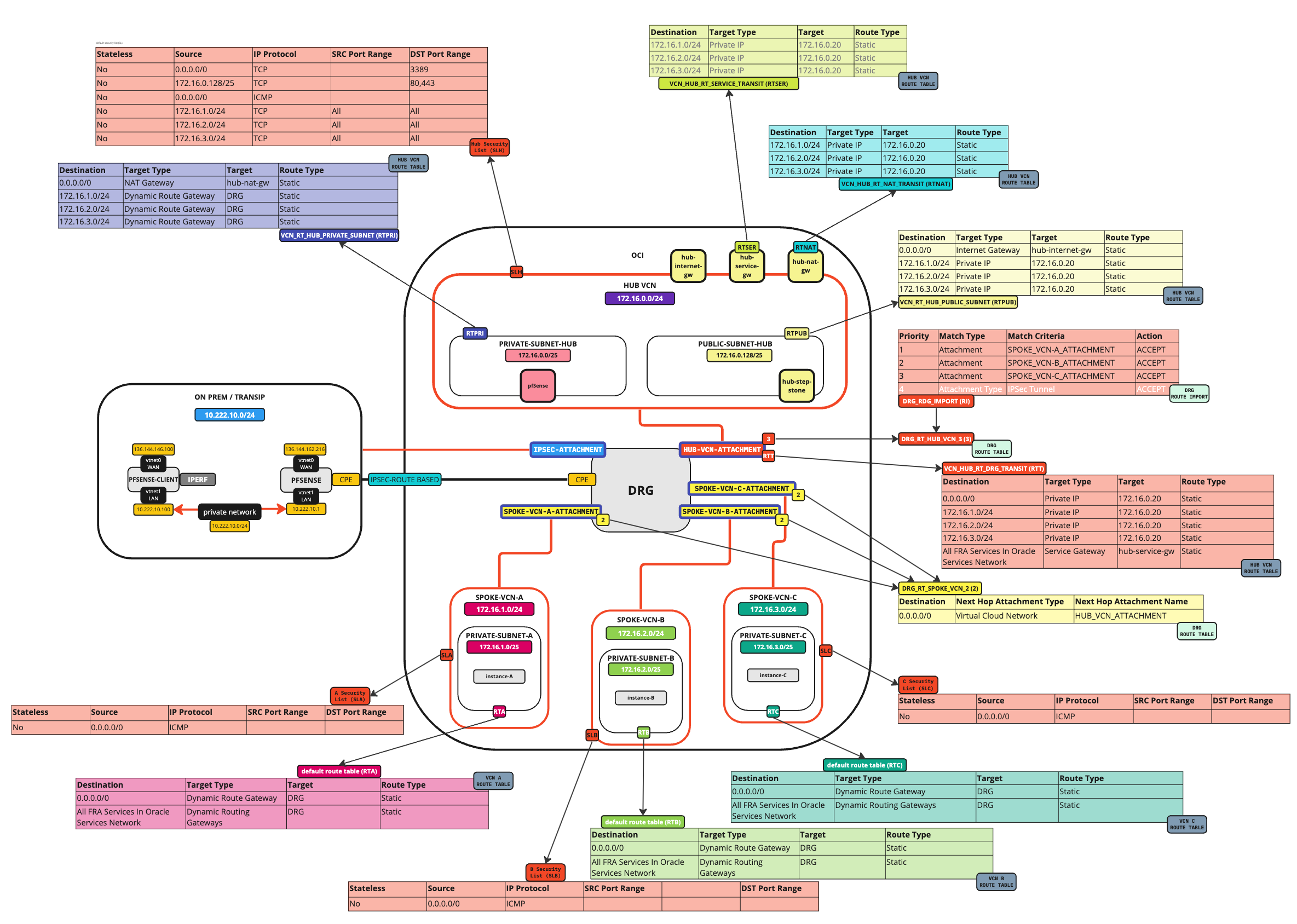

다음 이미지는 트래픽 플로우를 보여줍니다.

-

온프레미스에서 연결을 가속화

-

B-온-프레미스(On-Premise) 연결

목표

- IPSec VPN 터널을 사용하여 온프레미스 위치를 OCI 환경에 연결합니다. OCI 환경이 허브 및 스포크 라우팅 아키텍처를 활용한다는 점을 감안할 때 트래픽이 올바르게 흐르고 기본 핑 테스트를 통해 연결을 확인할 수 있도록 필요한 라우팅도 구성할 것입니다.

필요 조건

다음 자습서를 완료합니다.

작업 1: 온-프레미스 환경 준비

-

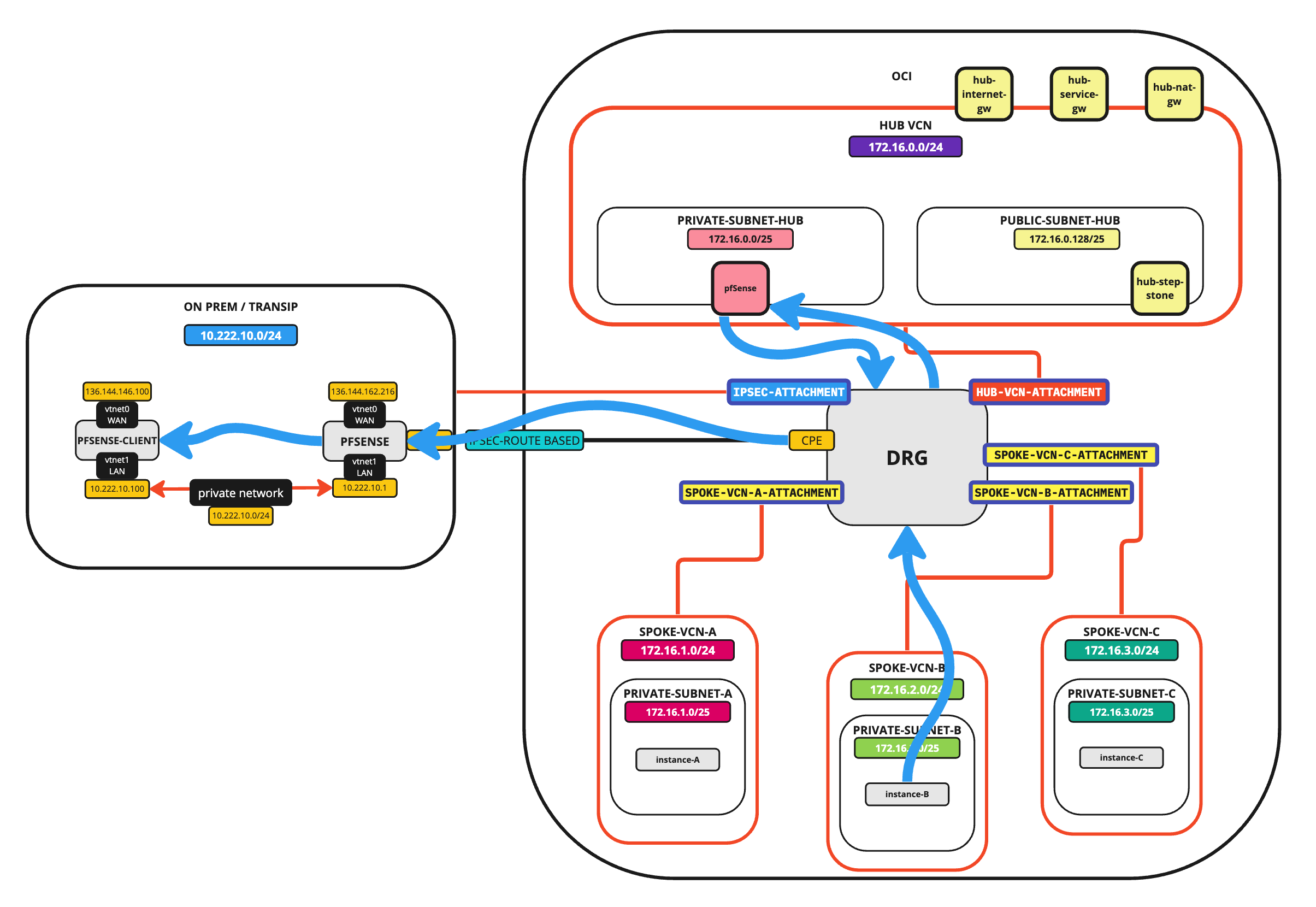

OCI 토폴로지

이 사용지침서에서는 OCI 토폴로지가 허브 및 스포크 VCN 라우팅 토폴로지입니다. 자세한 내용은 허브 VCN에서 pfSense 방화벽이 있는 라우트 허브 및 스포크 VCN을 참조하십시오.

다음 이미지는 시작점의 시각적 표현을 보여 줍니다.

-

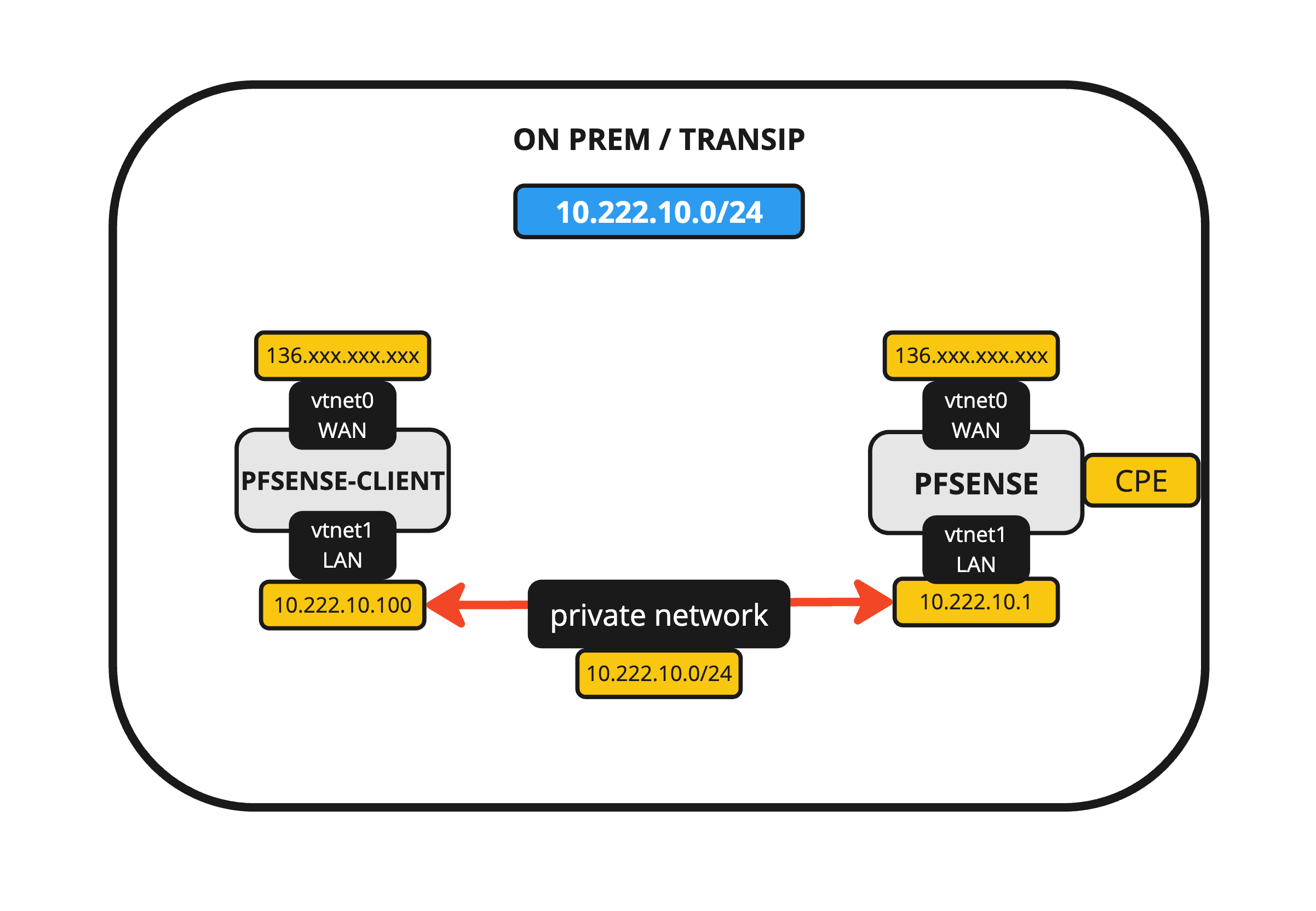

온프레미스 토폴로지

온프레미스 환경을 시뮬레이션하기 위해 샘플 설정을 구축하고, 두 개의 VPS 인스턴스를 생성하고, 각각에 pfSense를 설치했습니다.

한 pfSense 인스턴스는 IPSec CPE(고객 구내 장비) 종료 지점으로 사용되고, 다른 pfSense 인스턴스는 내부 클라이언트로 작동합니다.

이 환경의 설정은 이 자습서의 범위에 없습니다.

-

OCI 및 온프레미스 최종 토폴로지

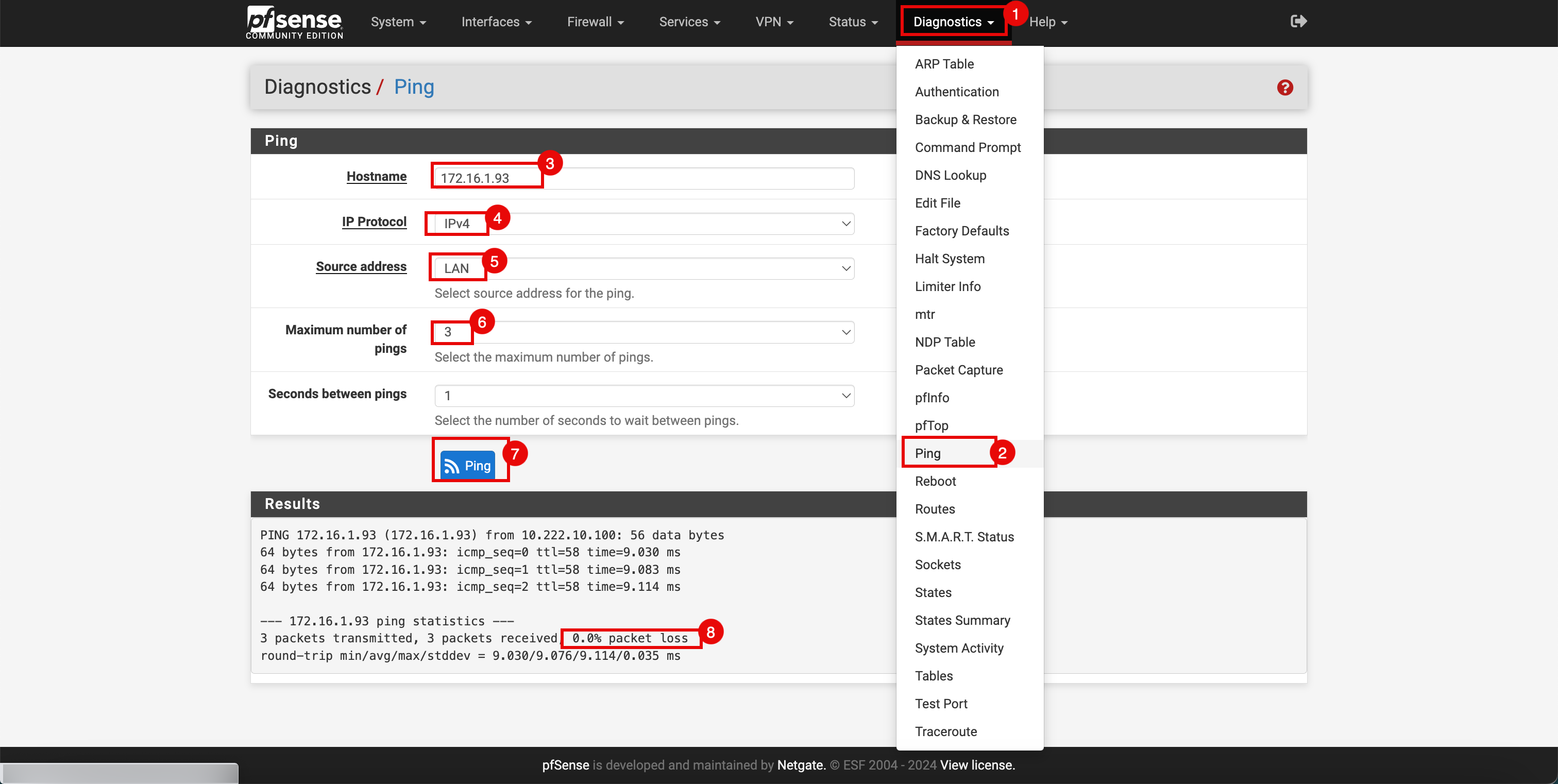

온프레미스 환경을 OCI 환경과 연결하면 토폴로지는 다음과 같이 표시됩니다.

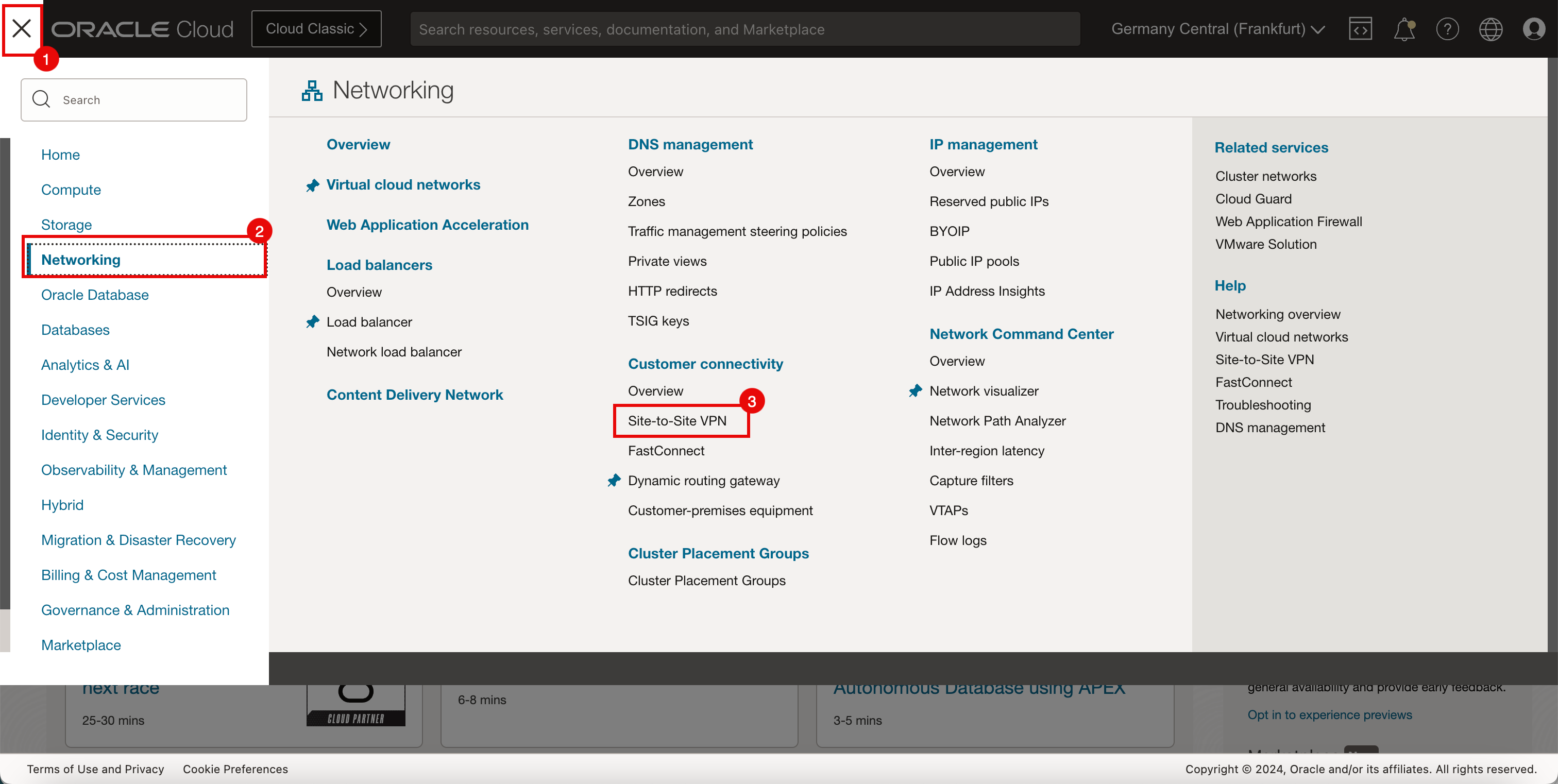

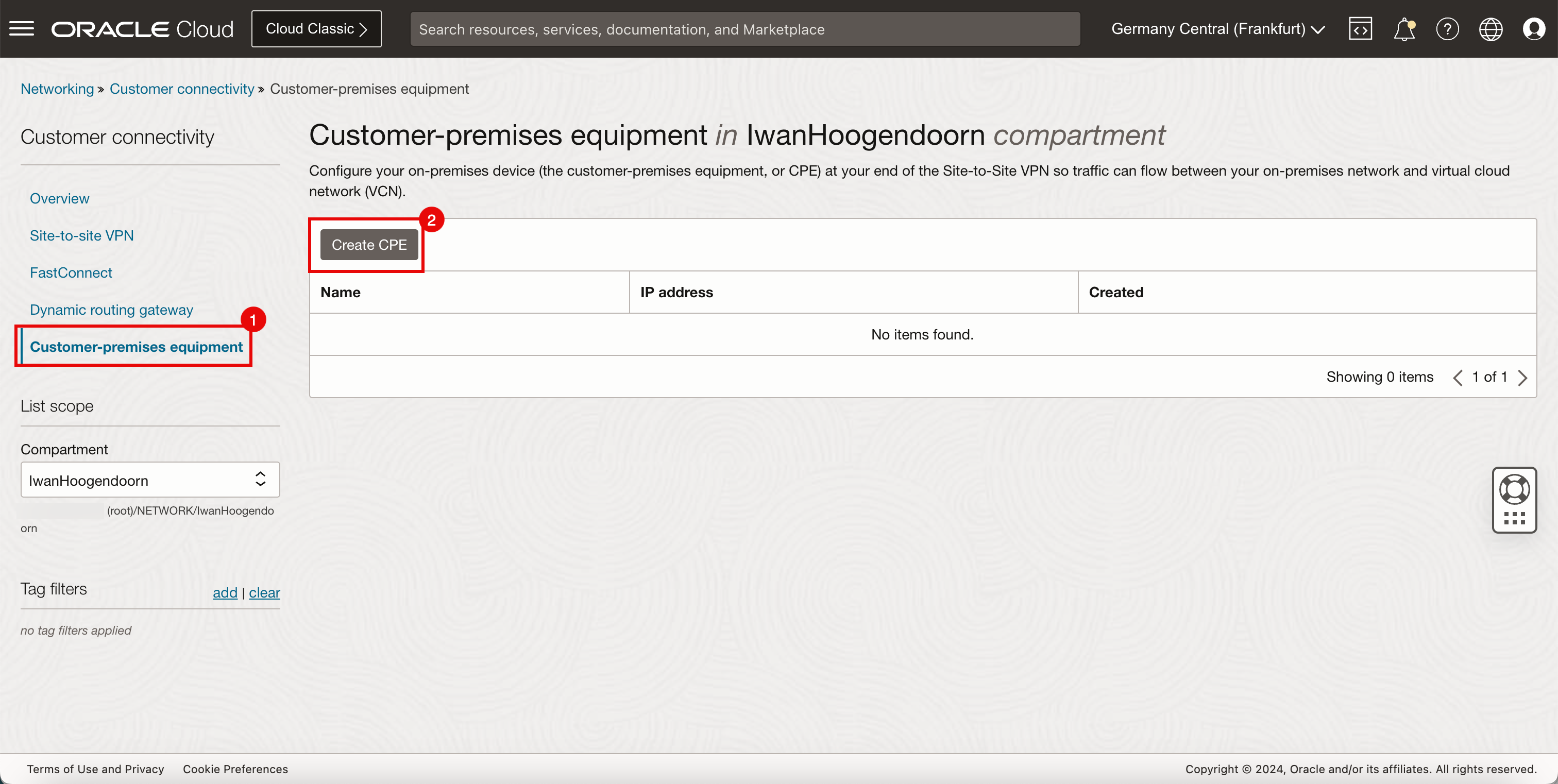

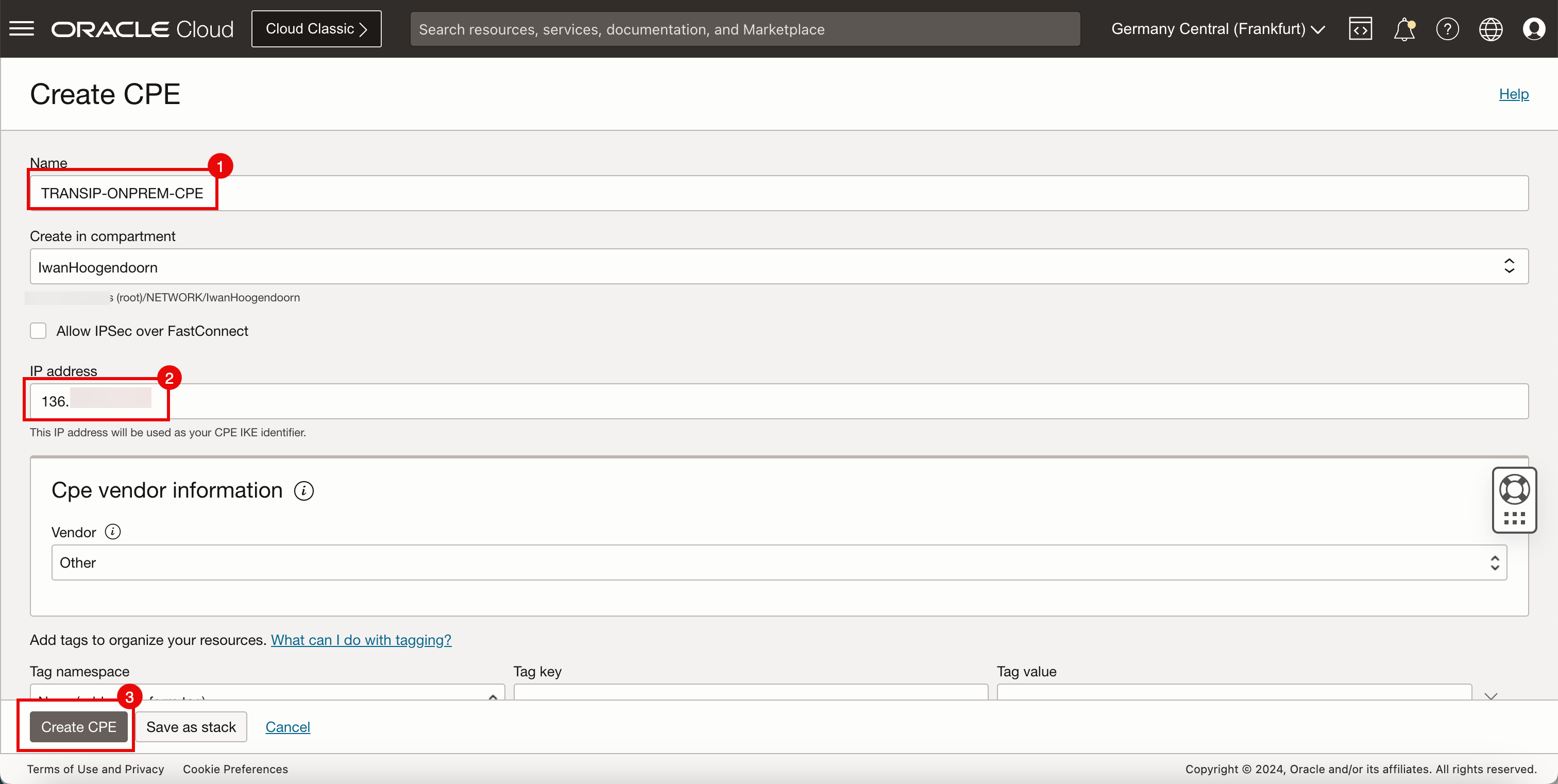

작업 2: OCI에서 CPE 생성

IPSec VPN 연결을 생성하기 전에 먼저 OCI에서 CPE 객체를 생성해야 합니다.

-

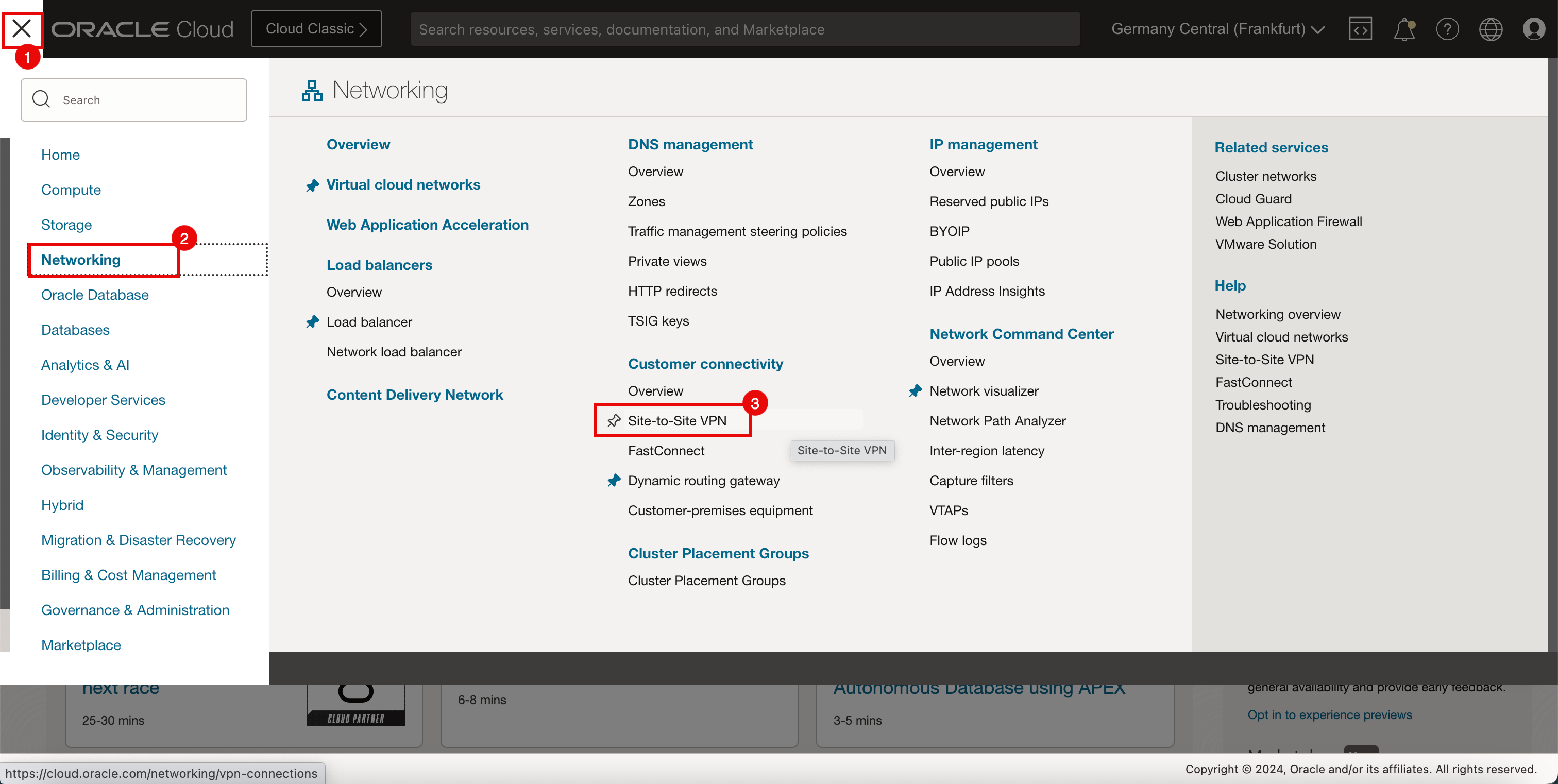

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- Site-to-Site VPN을 누릅니다.

- 고객 온프레미스 장비를 누릅니다.

- CPE 생성을 누릅니다.

-

CPE 생성에 다음 정보를 입력합니다.

- CPE에 대한 이름을 입력합니다.

- IP 주소를 입력합니다. 이 IP 주소는 온프레미스 VPN 설정에 사용할 장치의 공용 IP 주소입니다.

- CPE 생성을 누릅니다.

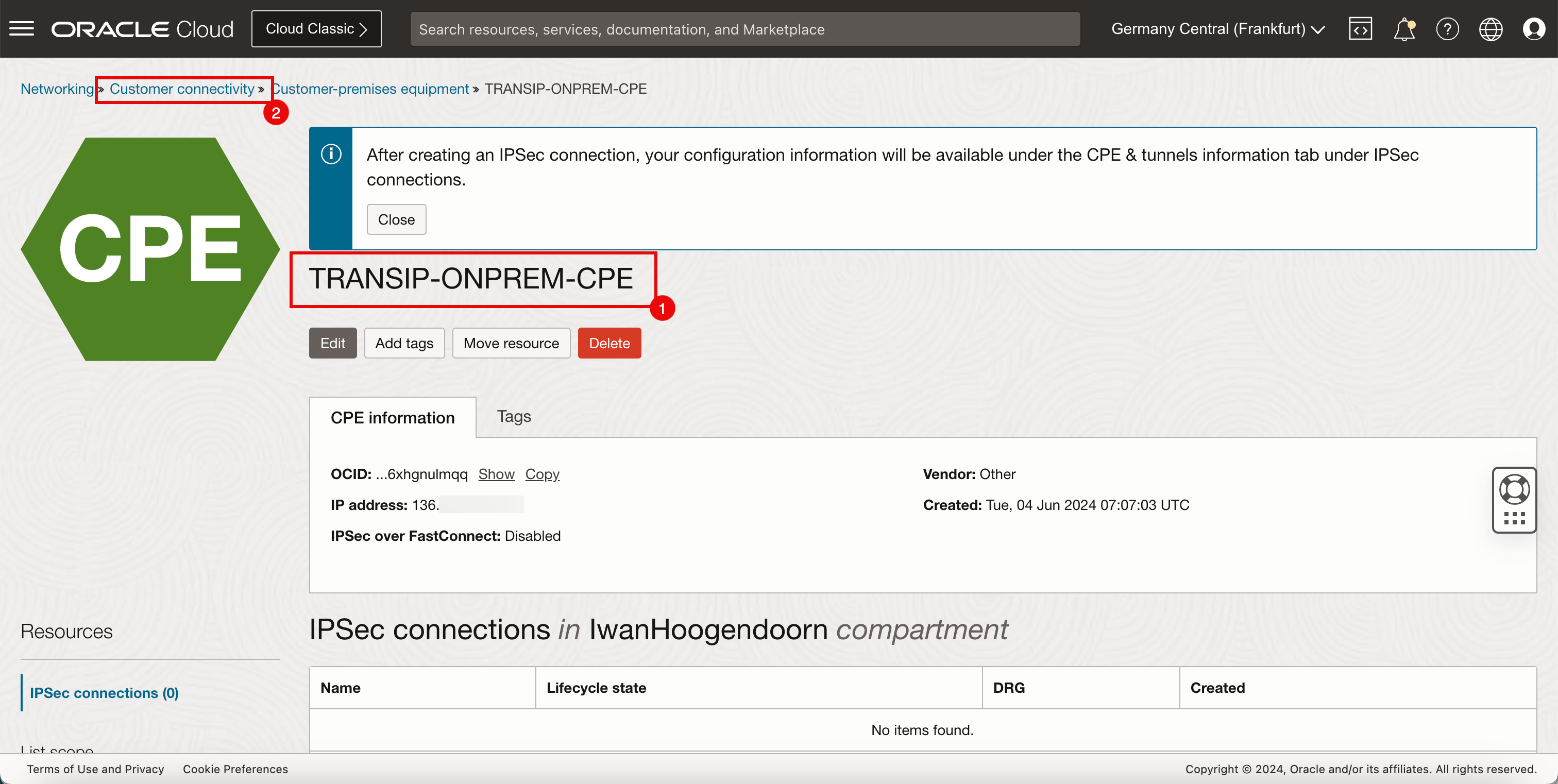

- OCI에 새 CPE 객체가 생성됩니다.

- 고객 접속을 눌러 고객 접속 페이지로 돌아갑니다.

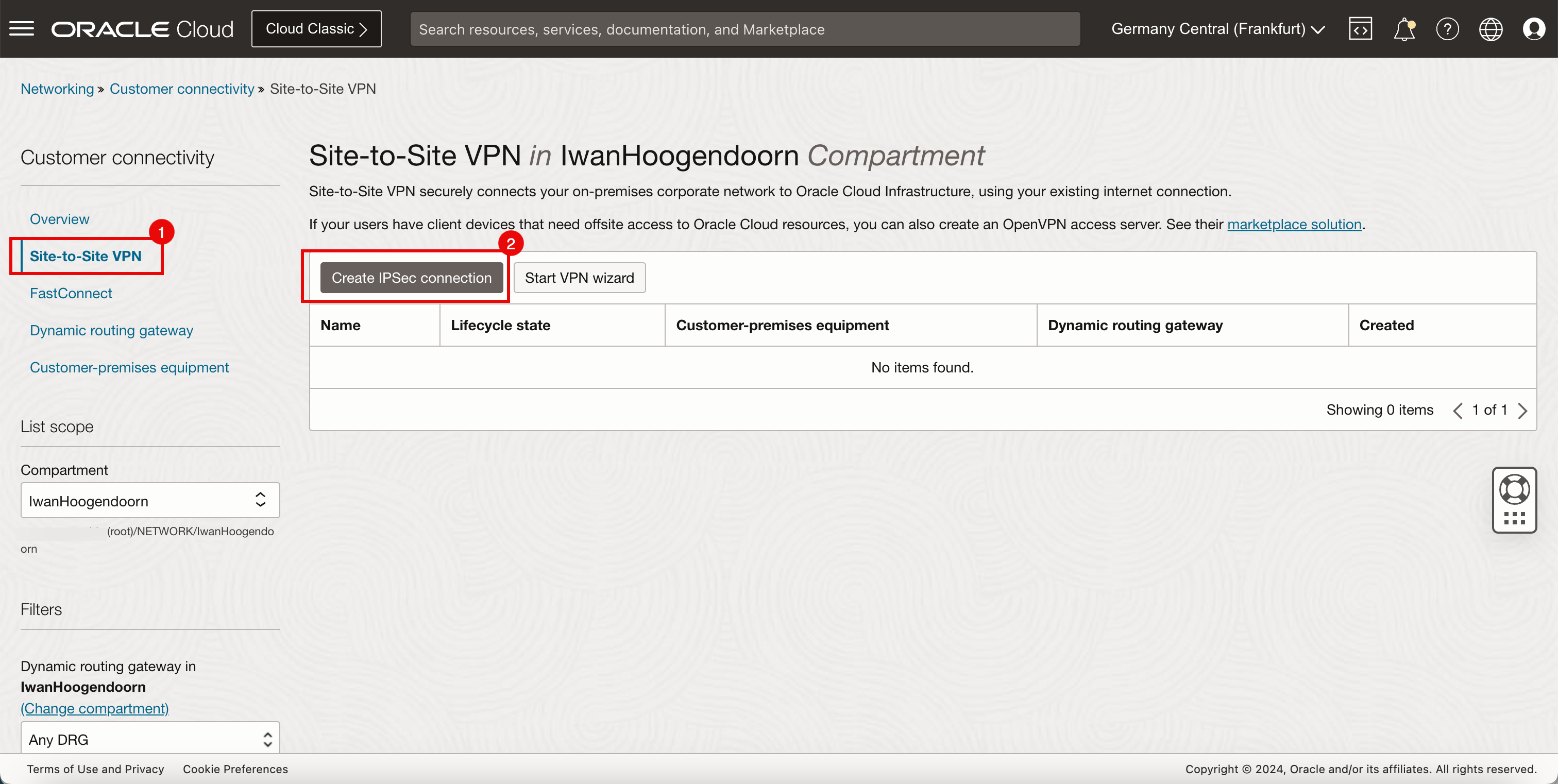

작업 3: OCI에서 사이트 간 VPN 생성

OCI 사이트 간 VPN을 구성하려면 OCI 측과 온프레미스 측의 양쪽 끝에서 구성을 수행해야 합니다.

-

OCI측을 구성해 보겠습니다.

- Site-to-Site VPN을 누릅니다.

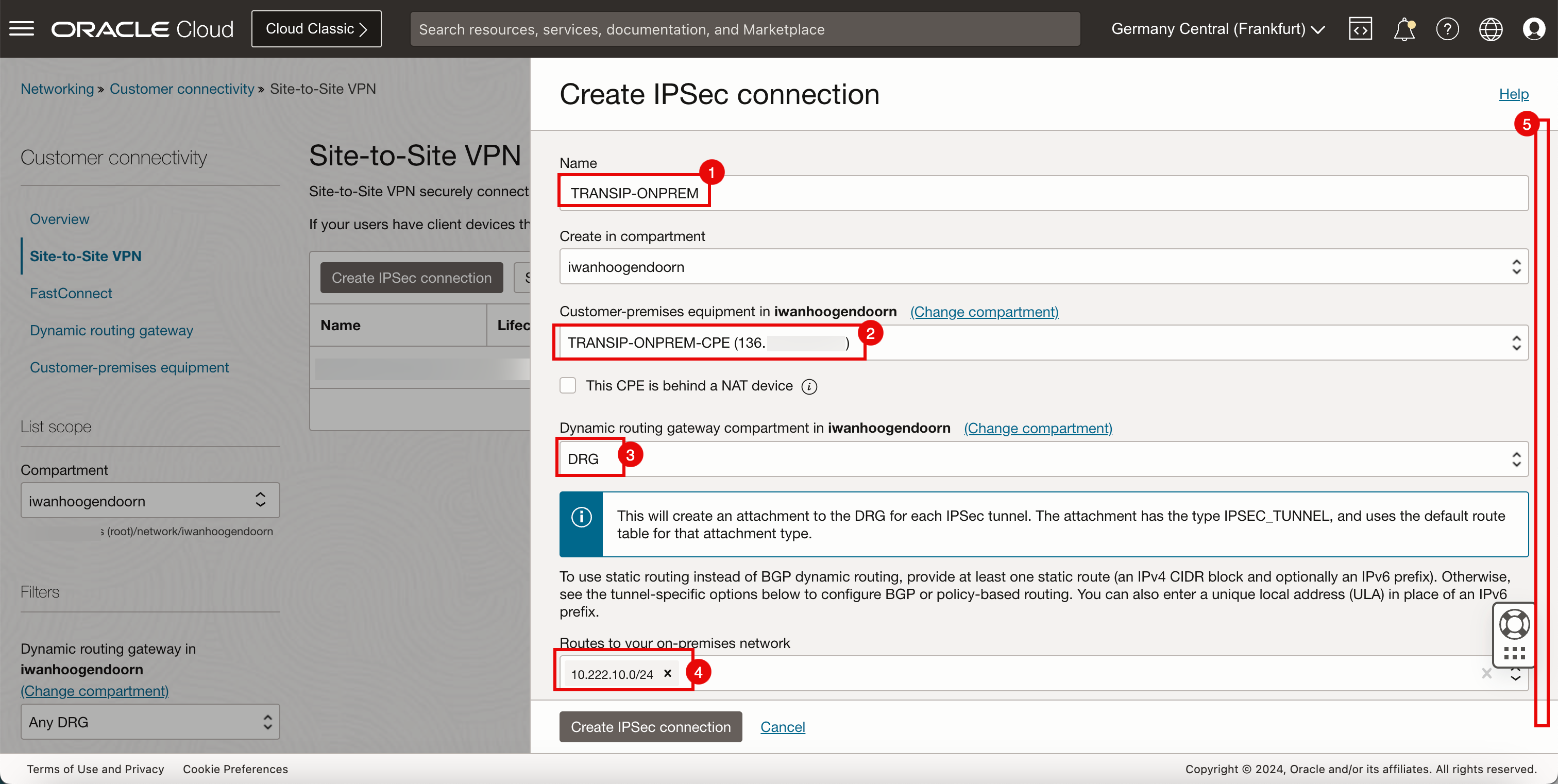

- IPSec 접속 생성을 누릅니다.

- IPSec 연결에 대한 이름을 입력합니다.

- 태스크 2에서 생성된 CPE를 선택합니다.

- 이 IPSec 접속을 종료하는 데 사용할 DRG를 선택합니다.

- OCI 네트워크에서 트래픽을 라우팅할 온프레미스 위치의 온프레미스 네트워크로 라우팅(LAN)을 선택합니다.

- 아래로.

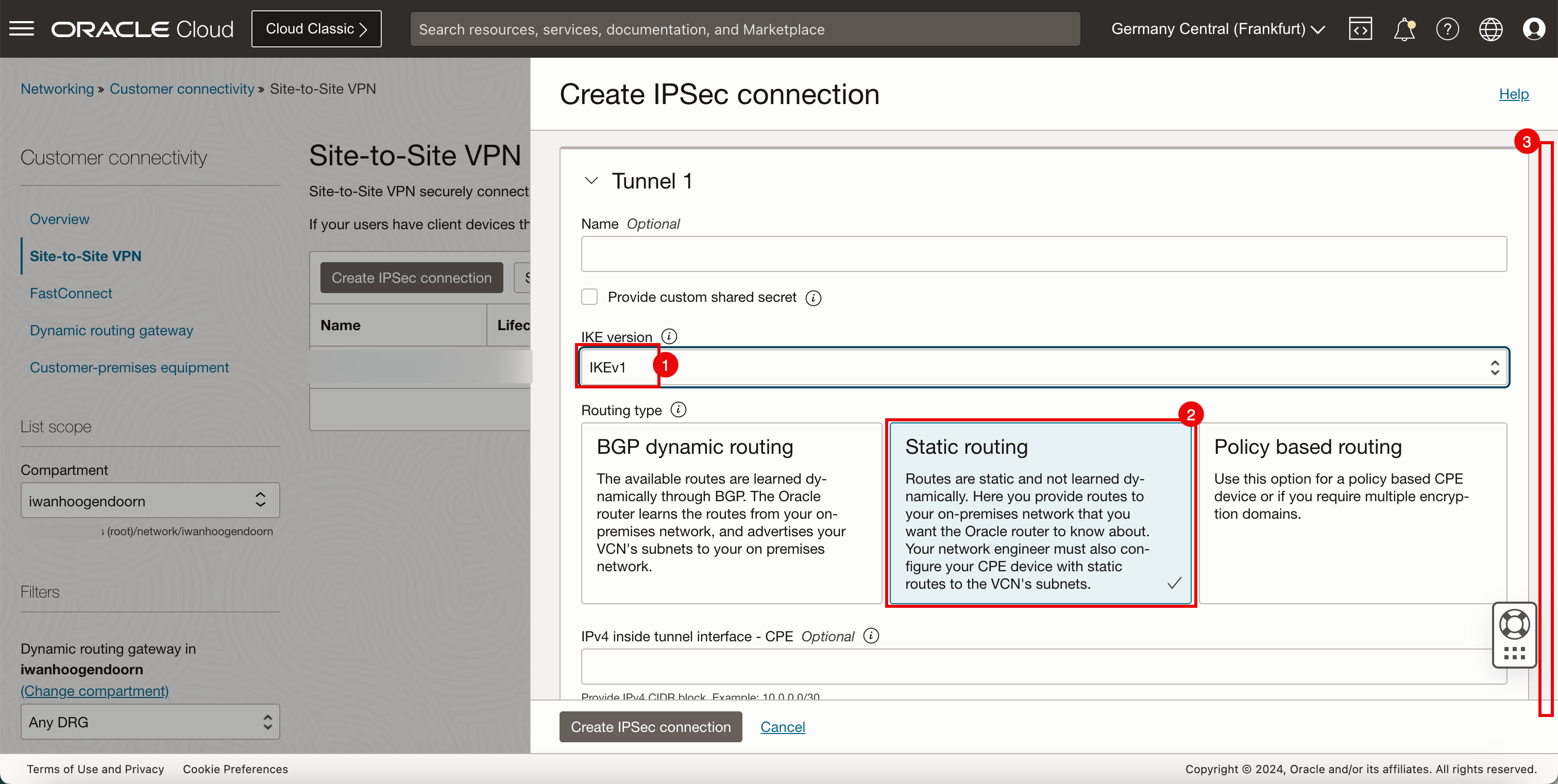

- IKE 버전에서

IKEv1을 선택합니다. - 경로 지정 유형에서 정적 경로 지정을 선택합니다.

- 아래로.

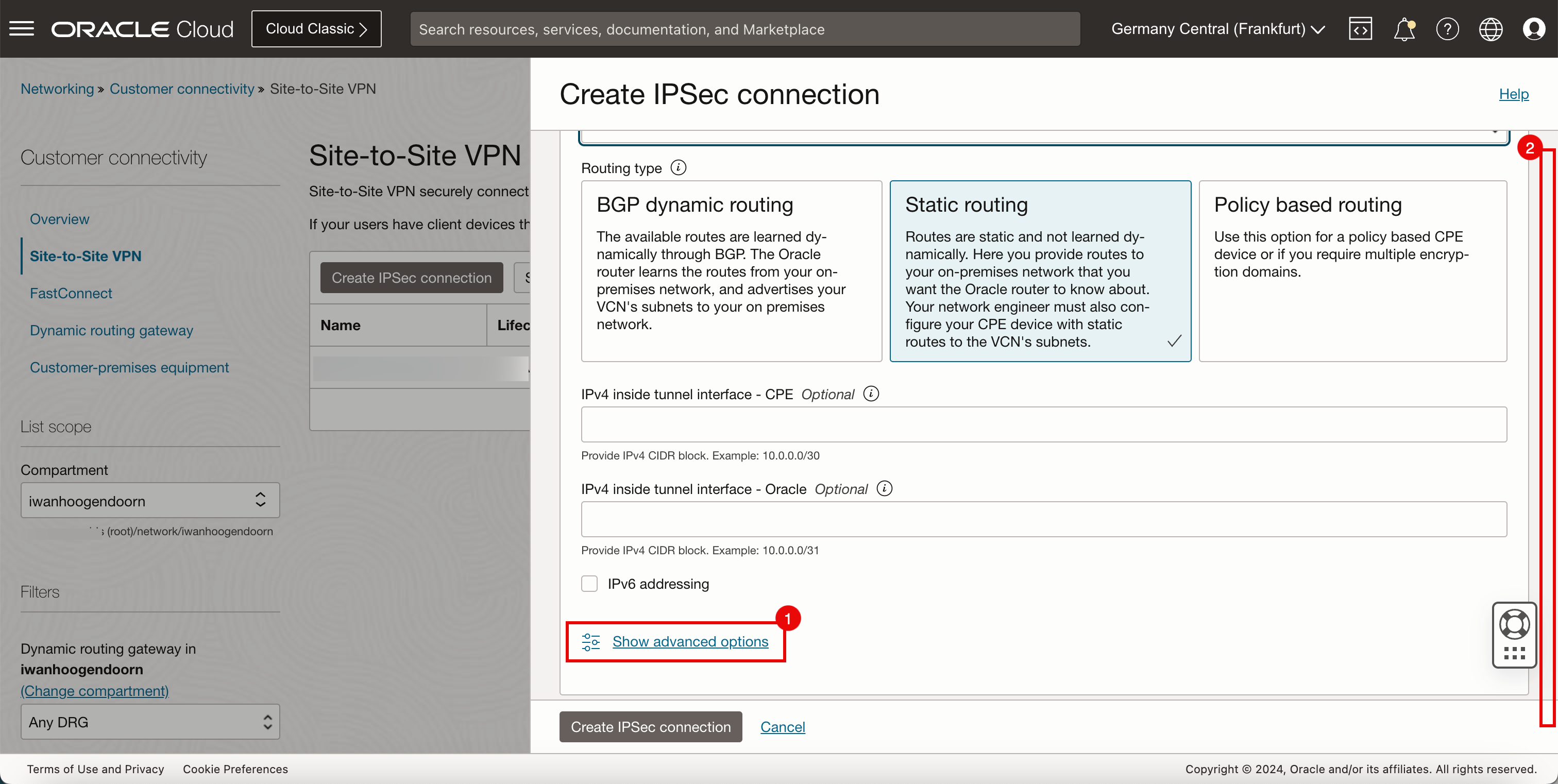

- 고급 옵션 표시를 누릅니다.

- 아래로.

-

OCI에서는 기본적으로 두 개의 터널을 생성하고 구성해야 합니다. 첫번째 터널을 구성합니다.

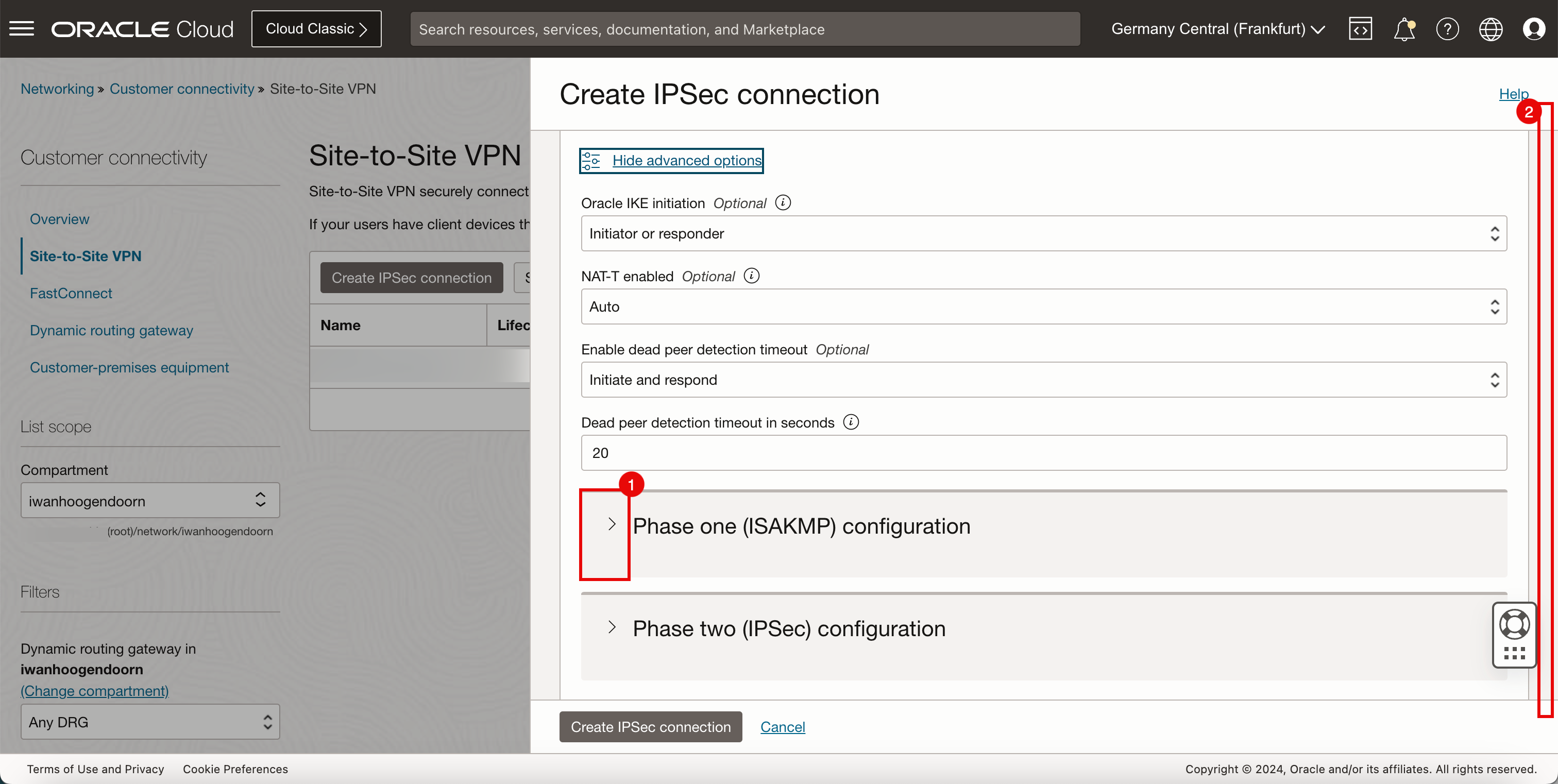

- Phase one (ISAKMP).configuration을 보려면 오른쪽 각도 대괄호(>)를 누릅니다.

- 아래로.

-

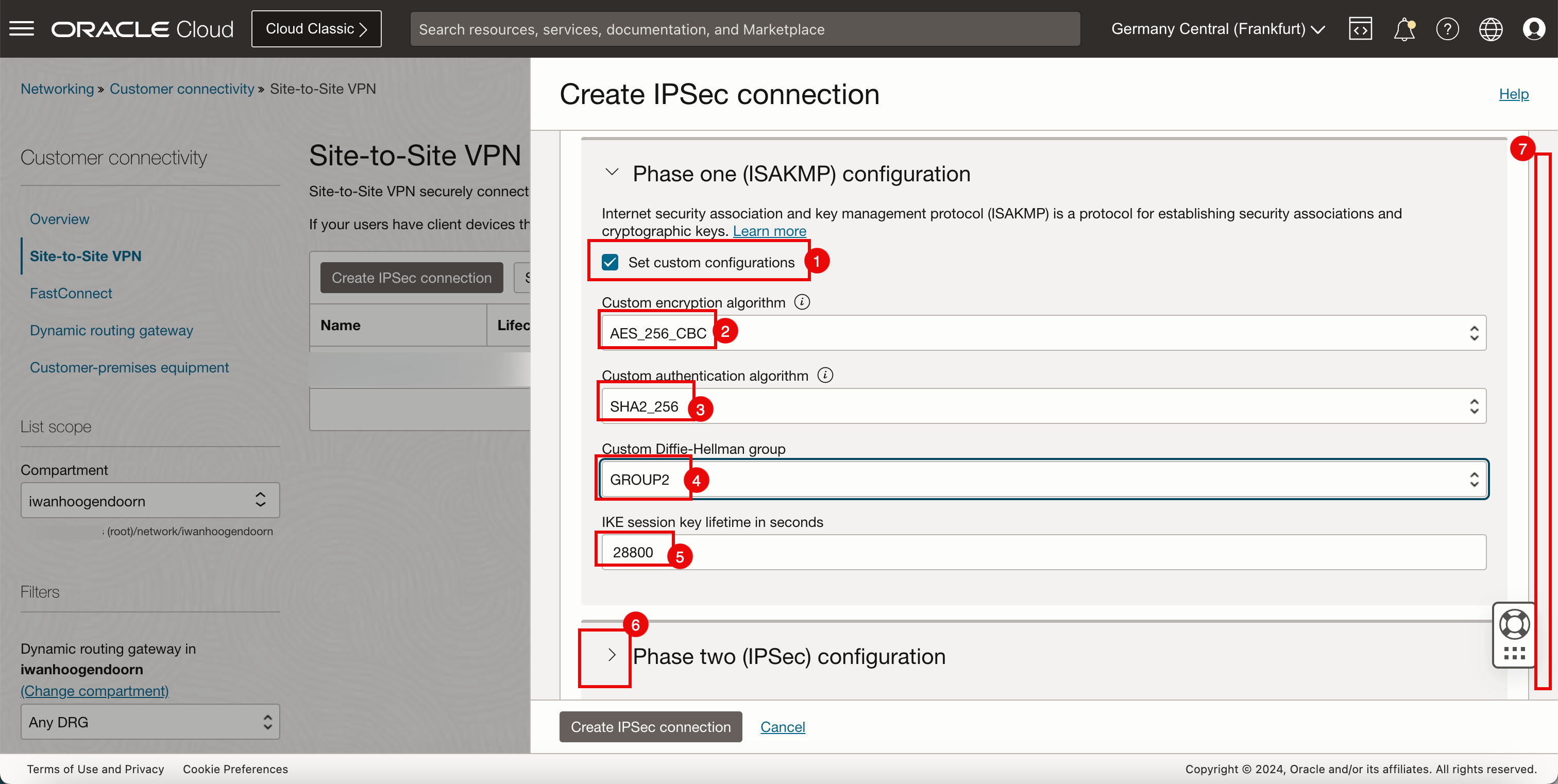

단계 1(ISAKMP) 구성 섹션에 다음 정보를 입력합니다.

- 사용자정의 구성 설정을 선택합니다.

- 사용자정의 암호화 알고리즘에서

AES_256_CBC을 선택합니다. - 사용자정의 인증 알고리즘에서

SHA_256을 선택합니다. - 사용자정의 Diffie-Hellman 그룹에서

GROUP 2을 선택합니다. - IKE session key lifetime in seconds의 기본값은

288500초입니다. - Phase two (IPSec) configuration의 경우 오른쪽 각도 대괄호(>)를 누릅니다.

- 아래로.

-

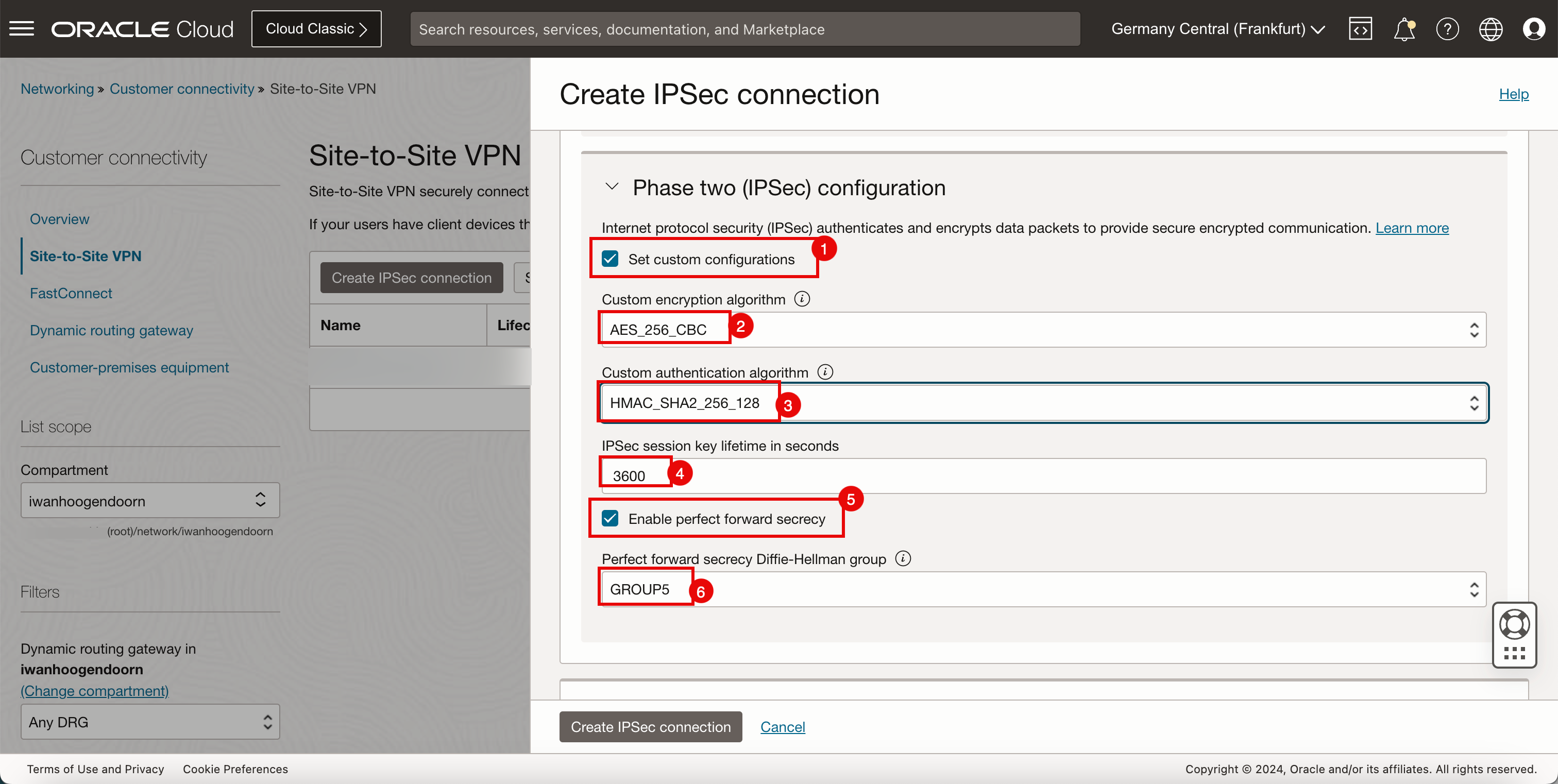

2단계(IPSec) 구성 섹션에 다음 정보를 입력합니다.

- 사용자정의 구성 설정을 선택합니다.

- 사용자정의 암호화 알고리즘에서

AES_256_CBC을 선택합니다. - 사용자정의 인증 알고리즘에서

HMAC_SHA2_256_128을 선택합니다. - IPSec session key lifetime in seconds의 기본값은

3600초입니다. - 완벽한 비밀성 사용을 선택합니다.

- Perfect forward secrecy Diffie-Hellman Group에서

GROUP 5를 선택합니다.

-

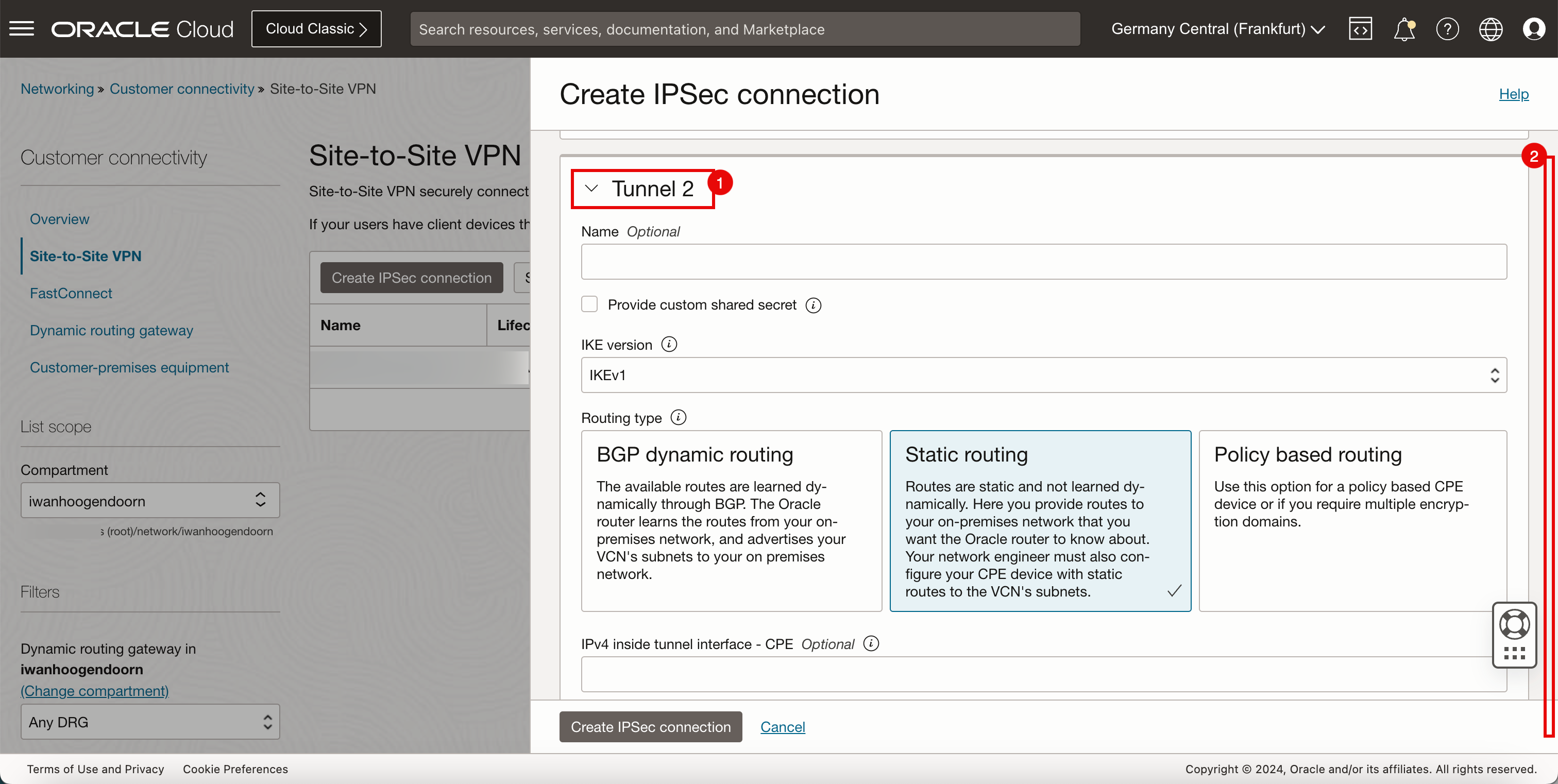

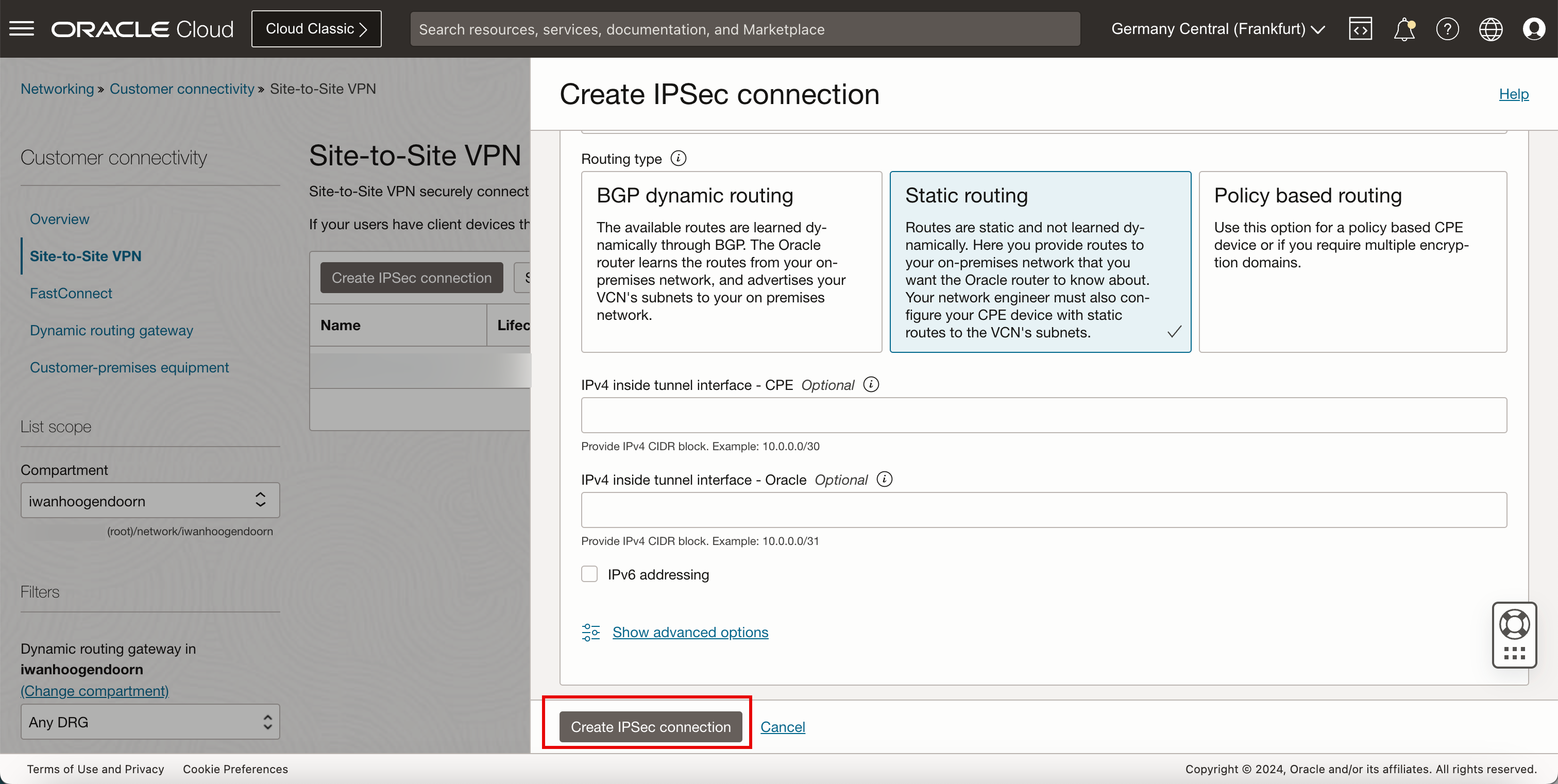

두번째 터널을 구성합니다.

- 첫번째 터널에 사용된 것과 동일한 구성 세부정보를 사용합니다.

- 아래로.

-

IPSec 접속 생성을 누릅니다.

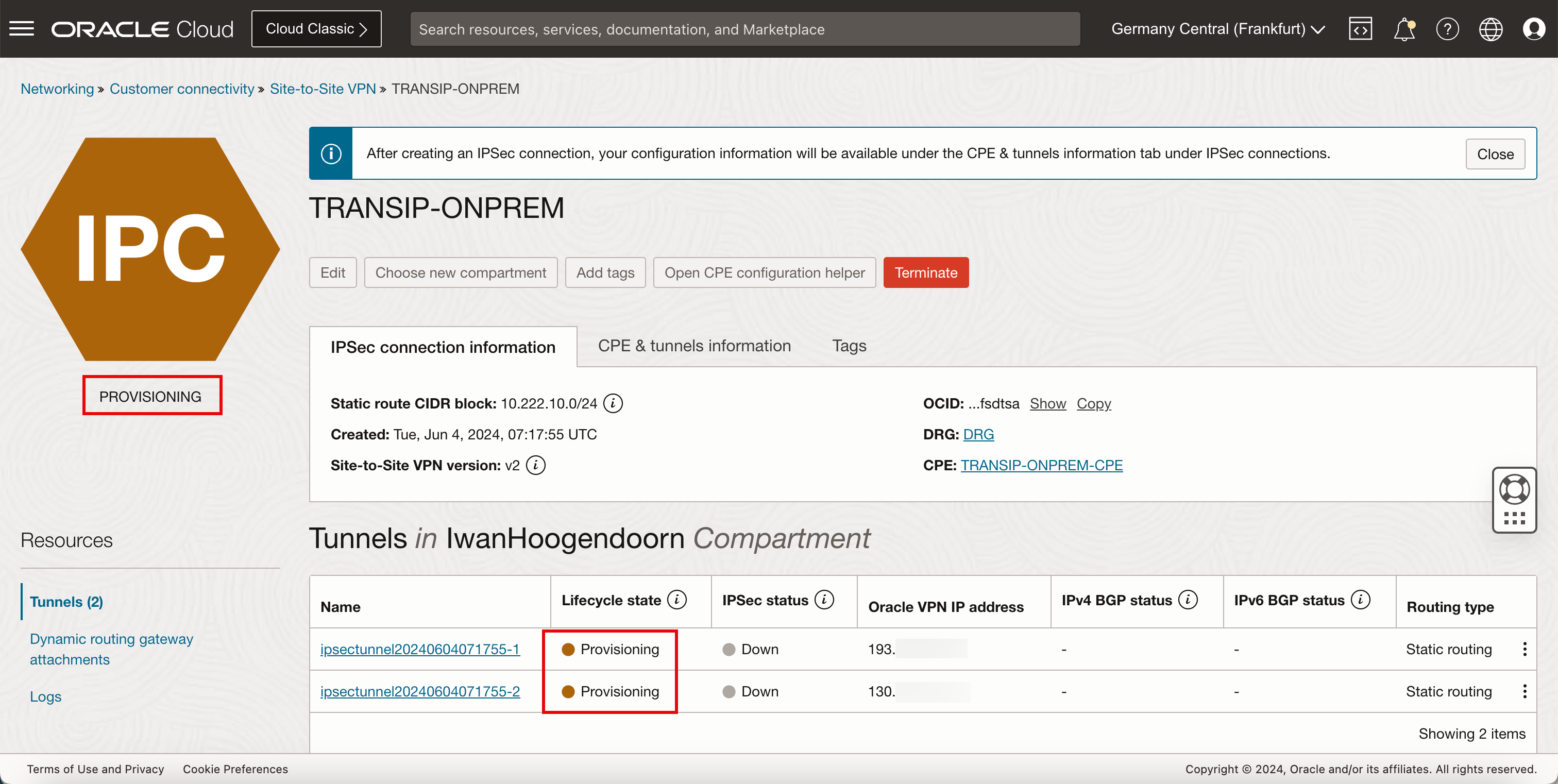

-

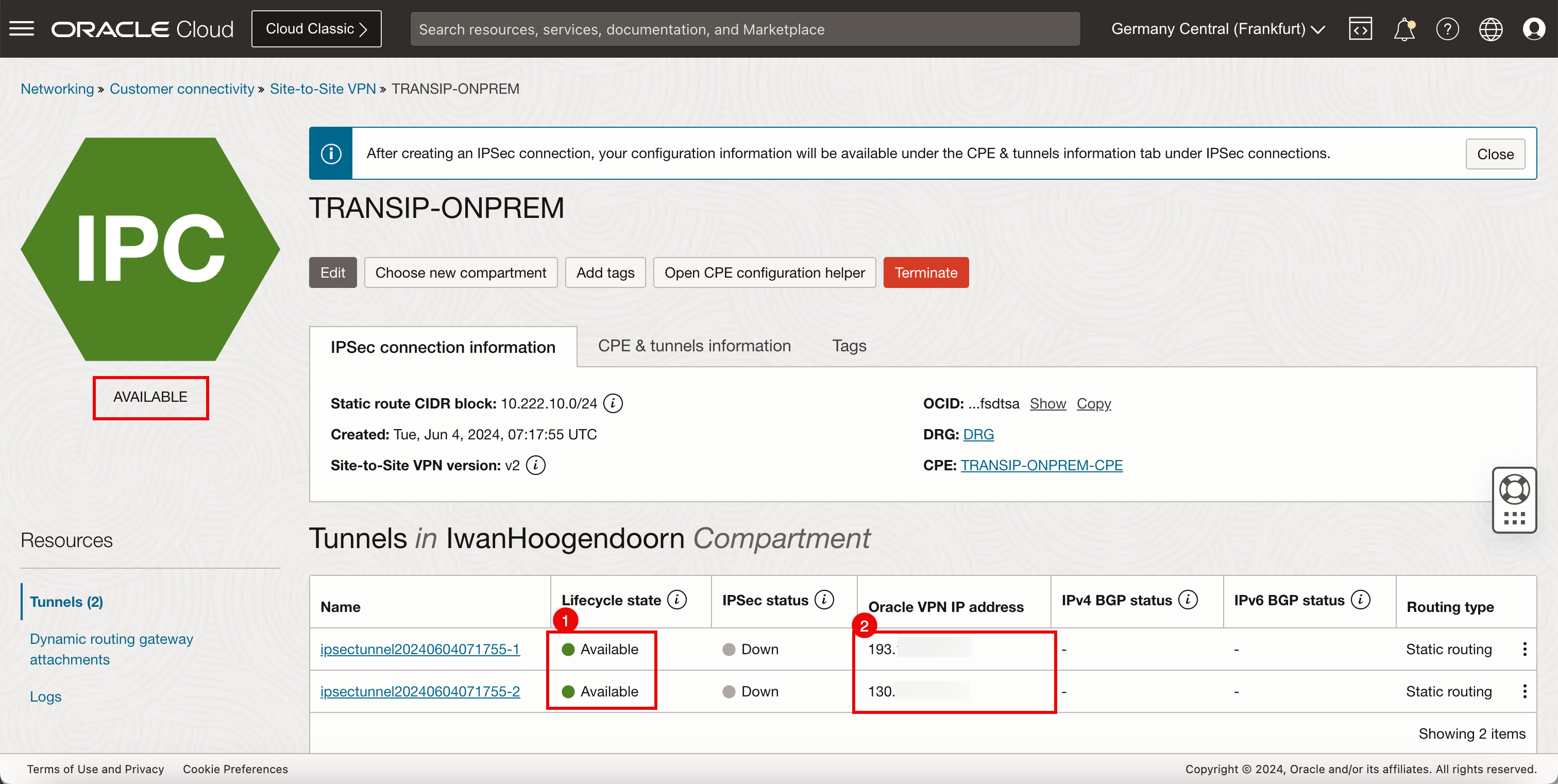

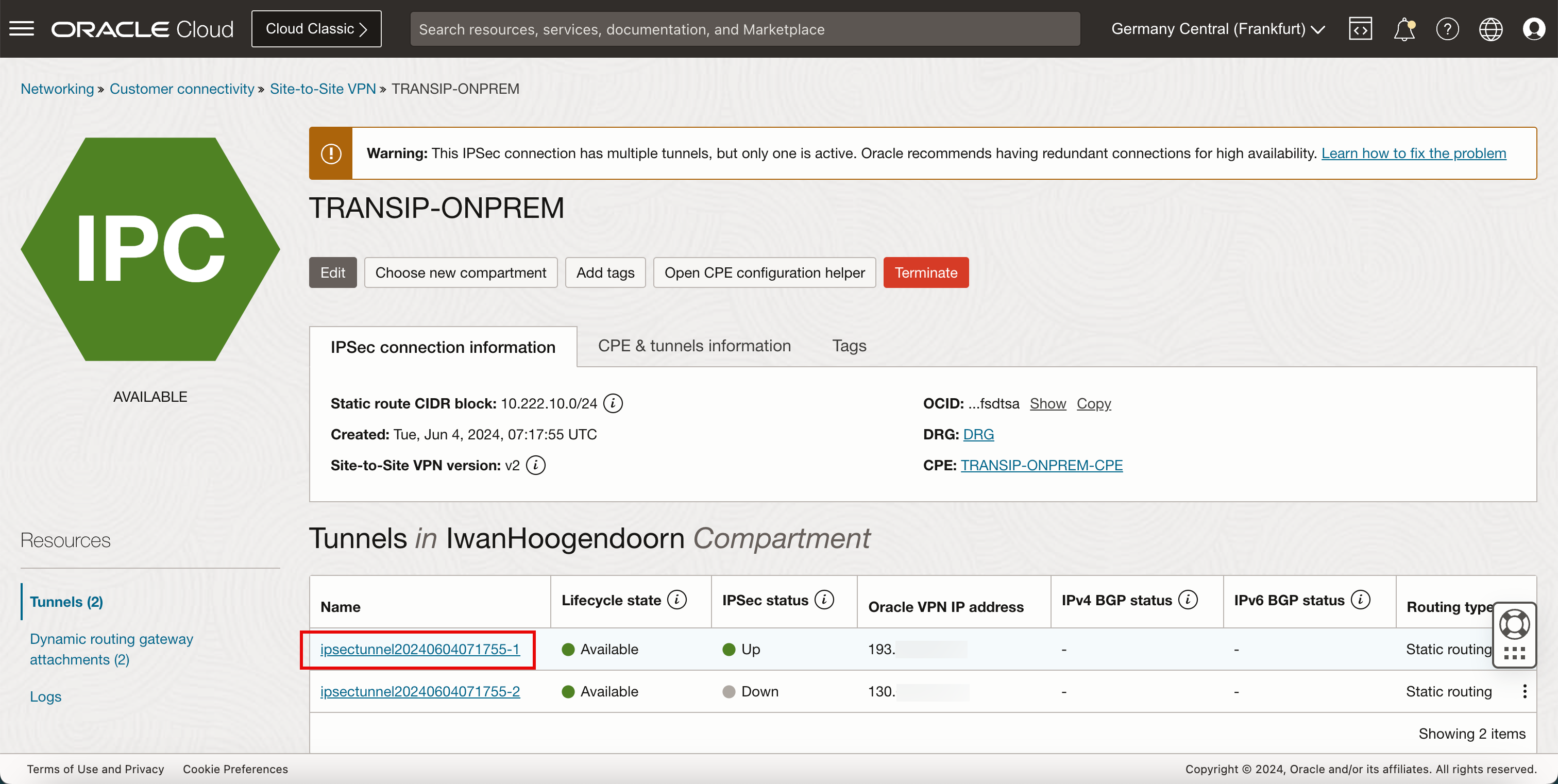

두 IPSec 터널 수명 주기 상태는 모두 프로비저닝입니다.

- 상태가 AVAILABLE로 변경됩니다.

- 저장해야 하는 Oracle VPN IP 주소를 확인합니다. 온프레미스 터널을 구성하려면 해당 IP 주소가 필요합니다.

주: 두 개의 IPSec 터널 중 하나만 사용하므로 첫번째 터널 구성에만 초점을 맞출 수 있으므로 첫번째 IPSec 터널의 첫번째 IP 주소만 수집하여 저장합니다.

-

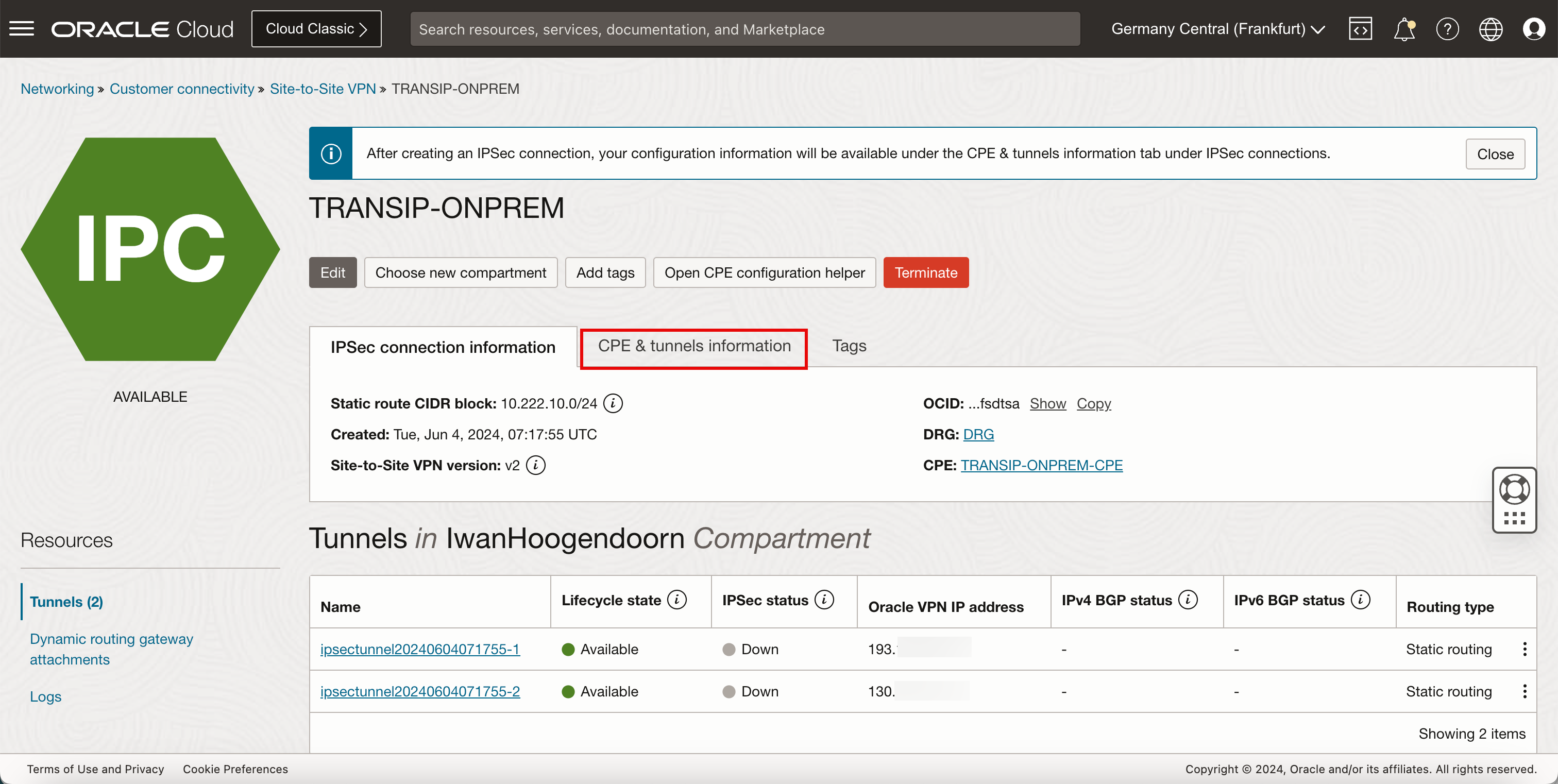

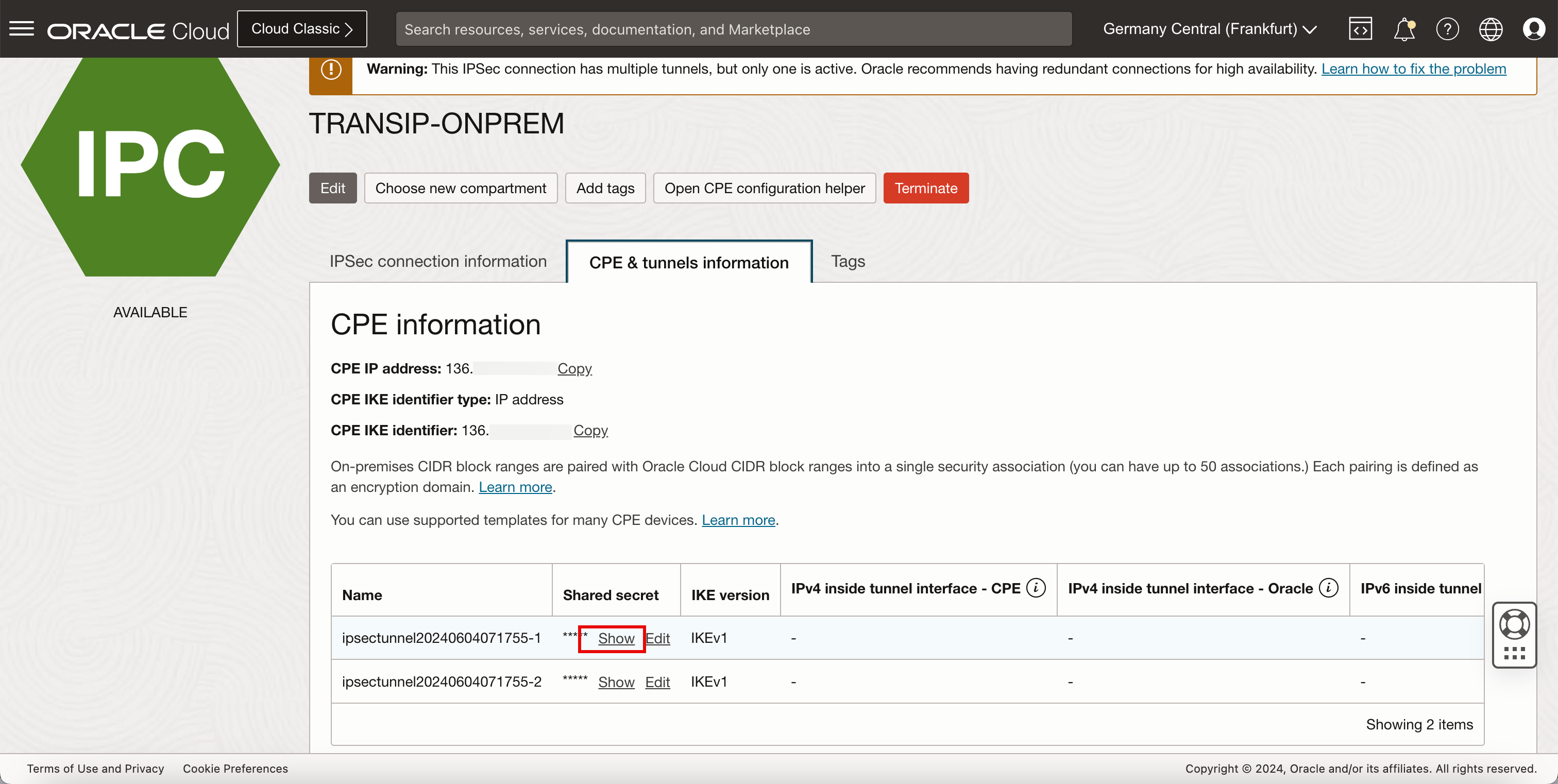

CPE & Tunnels information을 누릅니다.

-

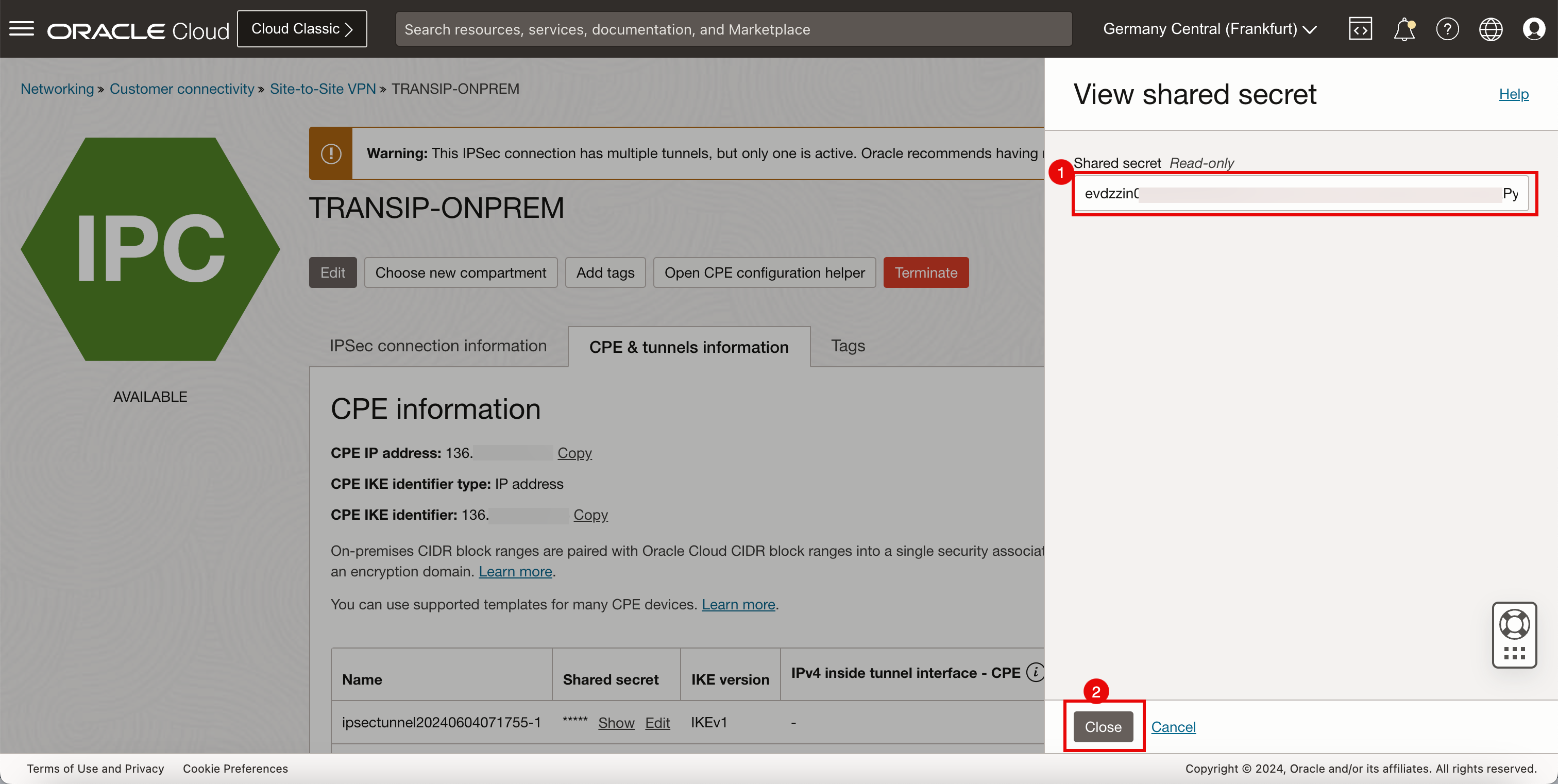

표시를 누릅니다.

- 공유 암호 키가 자동으로 생성됩니다. 이 보안 키를 저장합니다. 터널의 다른 쪽(온프레미스)을 구성하려면 필요합니다.

- 닫기를 누르면

작업 4: 온프레미스 서브넷에 대한 허브 및 스포크 VCN 라우팅 구성

허브 및 스포크 네트워크 아키텍처 내의 온프레미스 네트워크에서 오는 네트워크 트래픽을 라우팅하려면 DRG(동적 라우팅 게이트웨이) 및 VCN 라우팅 테이블을 일부 변경해야 합니다.

다음 이미지에서는 경로 지정 테이블을 보여 주므로 이것이 시작점입니다.

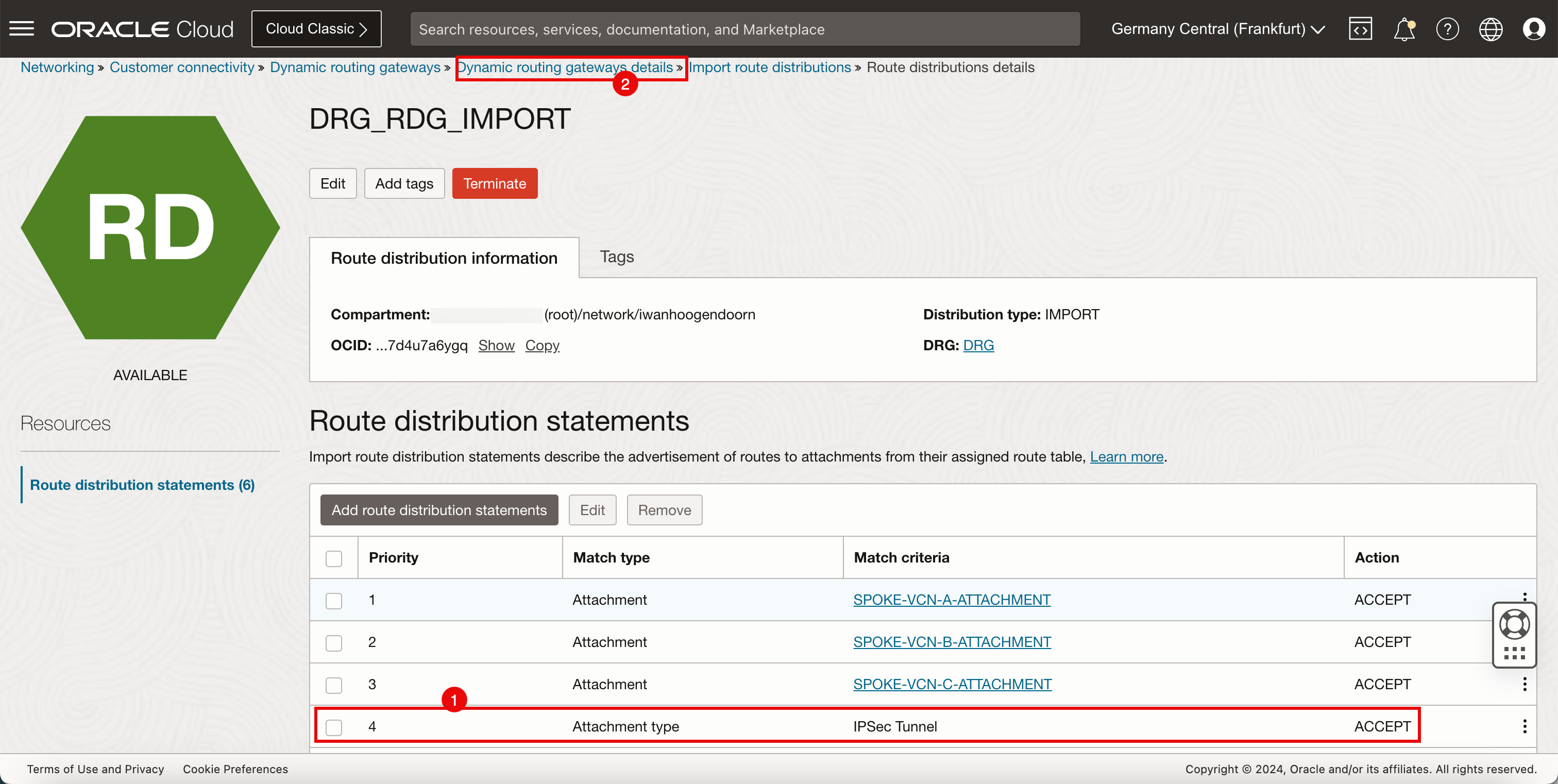

작업 4.1: 경로 임포트 업데이트

-

DRG에서 경로 분포 그룹(

DRG_RDG_IMPORT)을 업데이트합니다. IPSec 터널 연결 유형(우선순위 4)을 추가합니다.우선순위 일치 유형 일치 조건 작업 1 첨부파일 SPOKE_VCN-A 첨부 파일(_A) ACCEPT 2 첨부파일 SPOKE_VCN-B 첨부 파일(_A) ACCEPT 3 첨부파일 SPOKE_VCN-C 첨부 파일(_A) ACCEPT 4 첨부 유형 IPSec 터널 ACCEPT -

OCI 콘솔로 이동합니다.

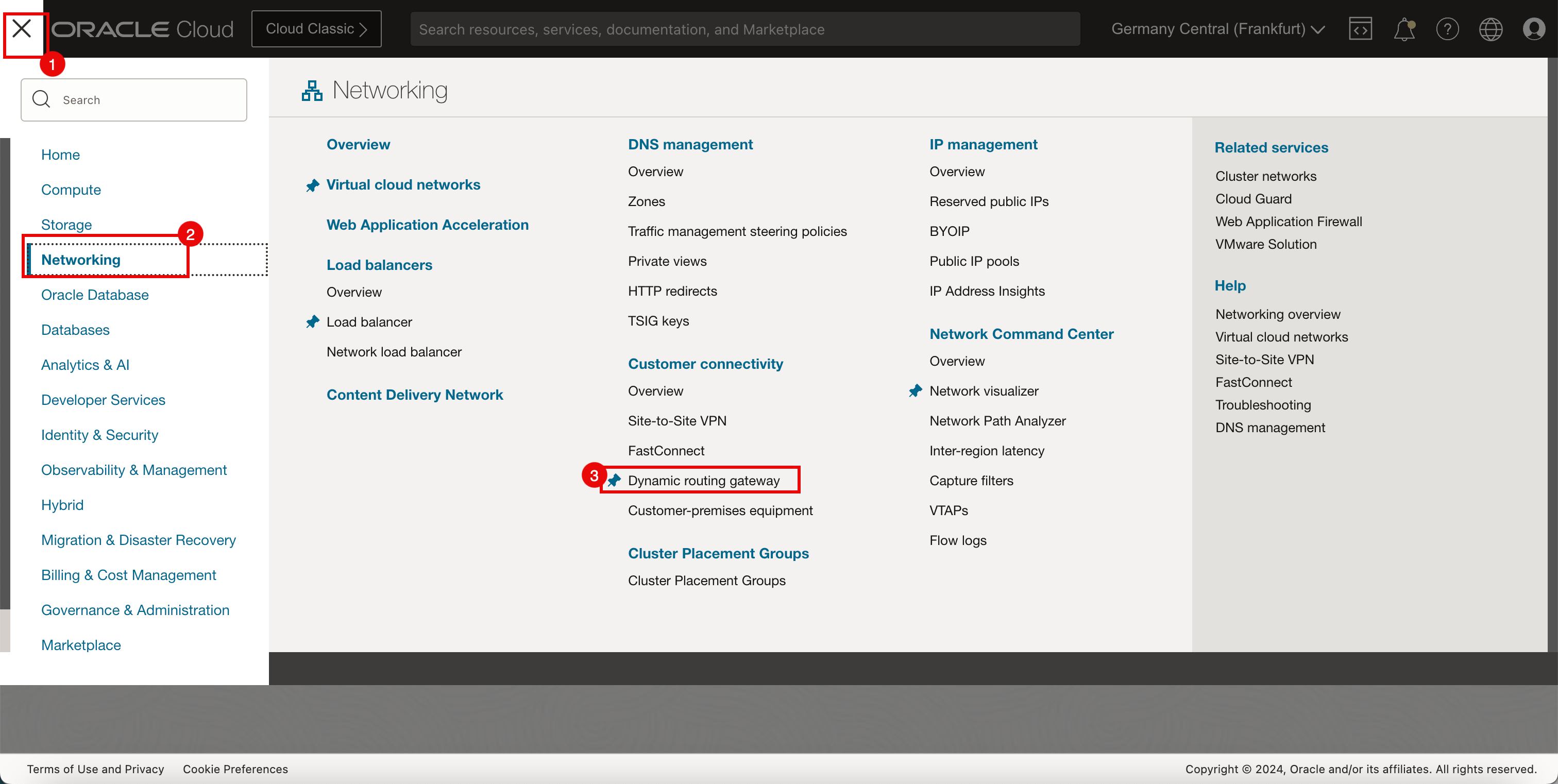

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- 동적 경로 지정 게이트웨이를 누릅니다.

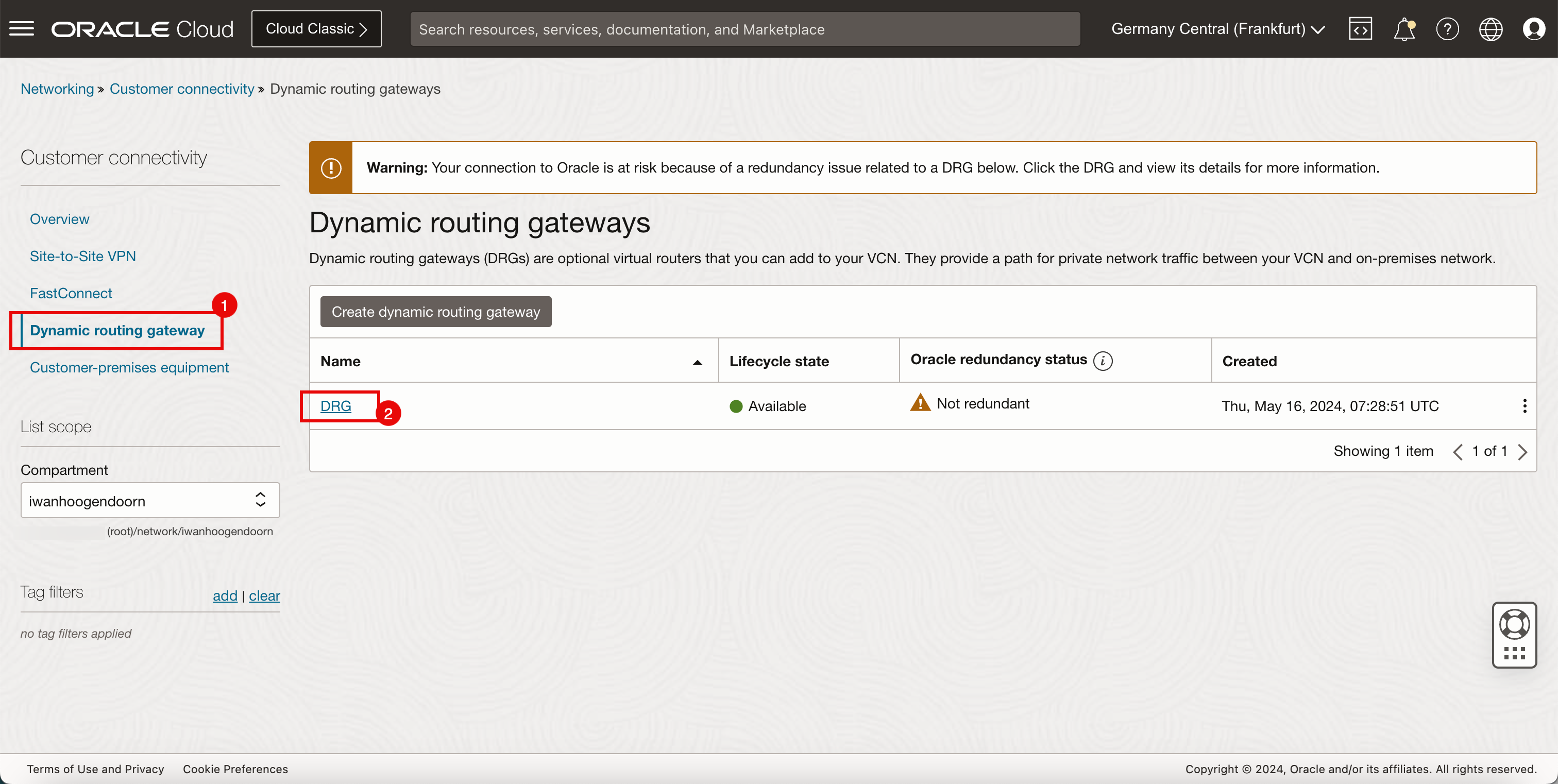

- 동적 경로 지정 게이트웨이를 누릅니다.

- VCN 라우팅 환경에 사용 중인 DRG를 누릅니다.

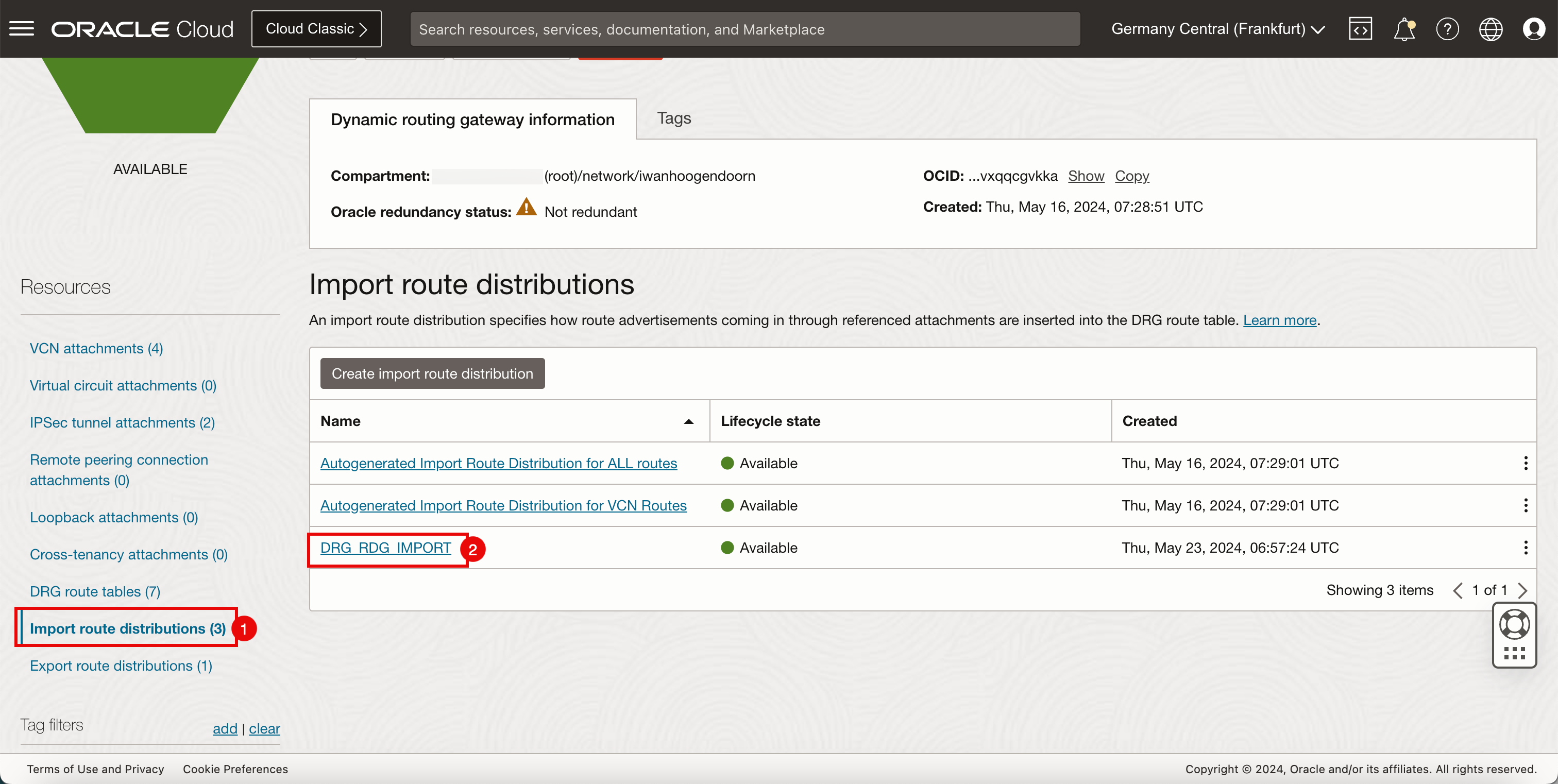

- 경로 분포 임포트를 누릅니다.

- 임포트 경로 분포(

DRG_RDG_IMPORT)를 누릅니다.

-

새 경로 분포 명령문을 추가해야 합니다.

- 경로 분포 명령문이 성공적으로 추가되었음을 알 수 있습니다.

- 동적 경로 지정 게이트웨이 세부정보를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 우리가 지금까지 만든 것을 시각적으로 보여줍니다.

-

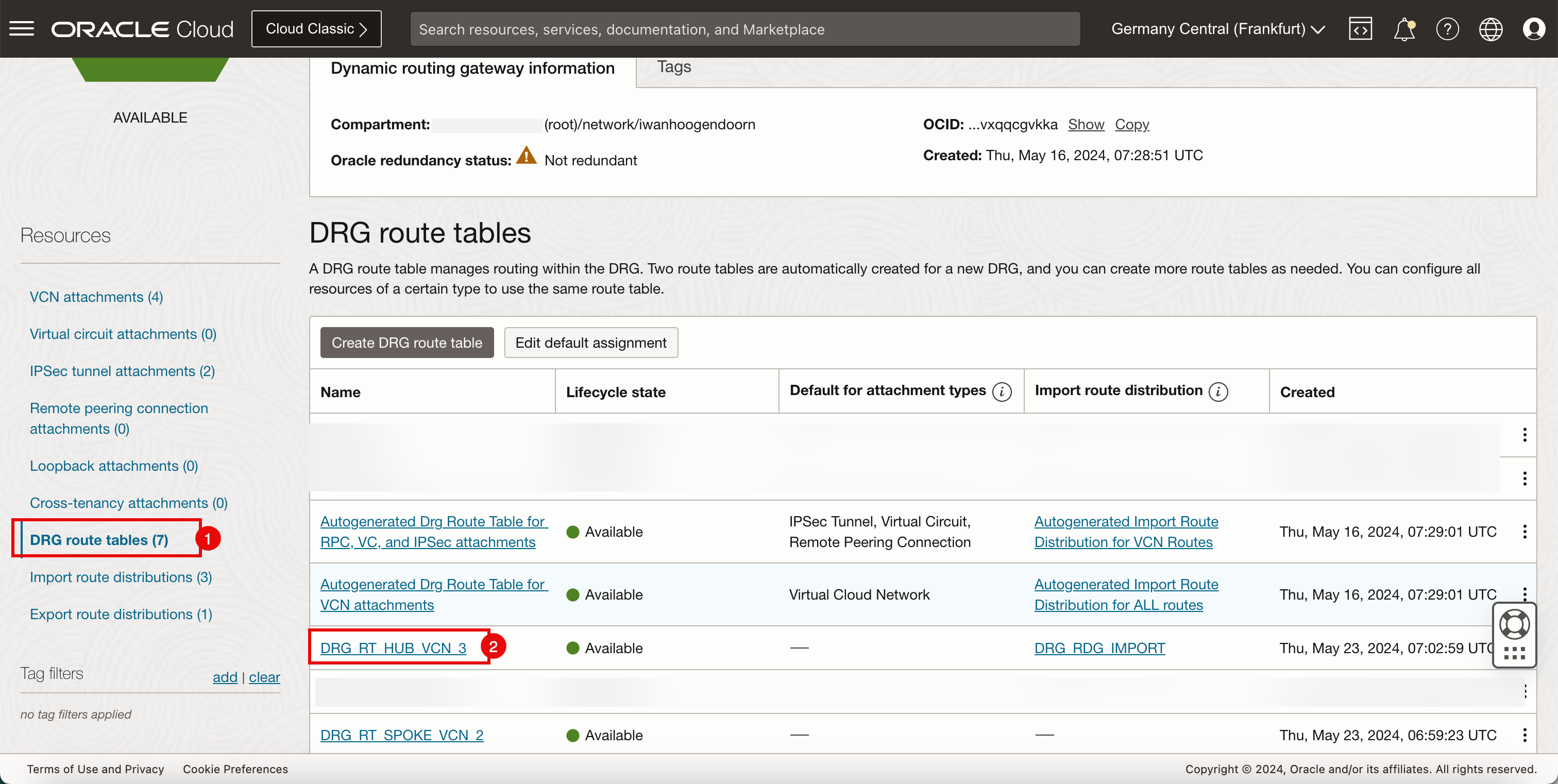

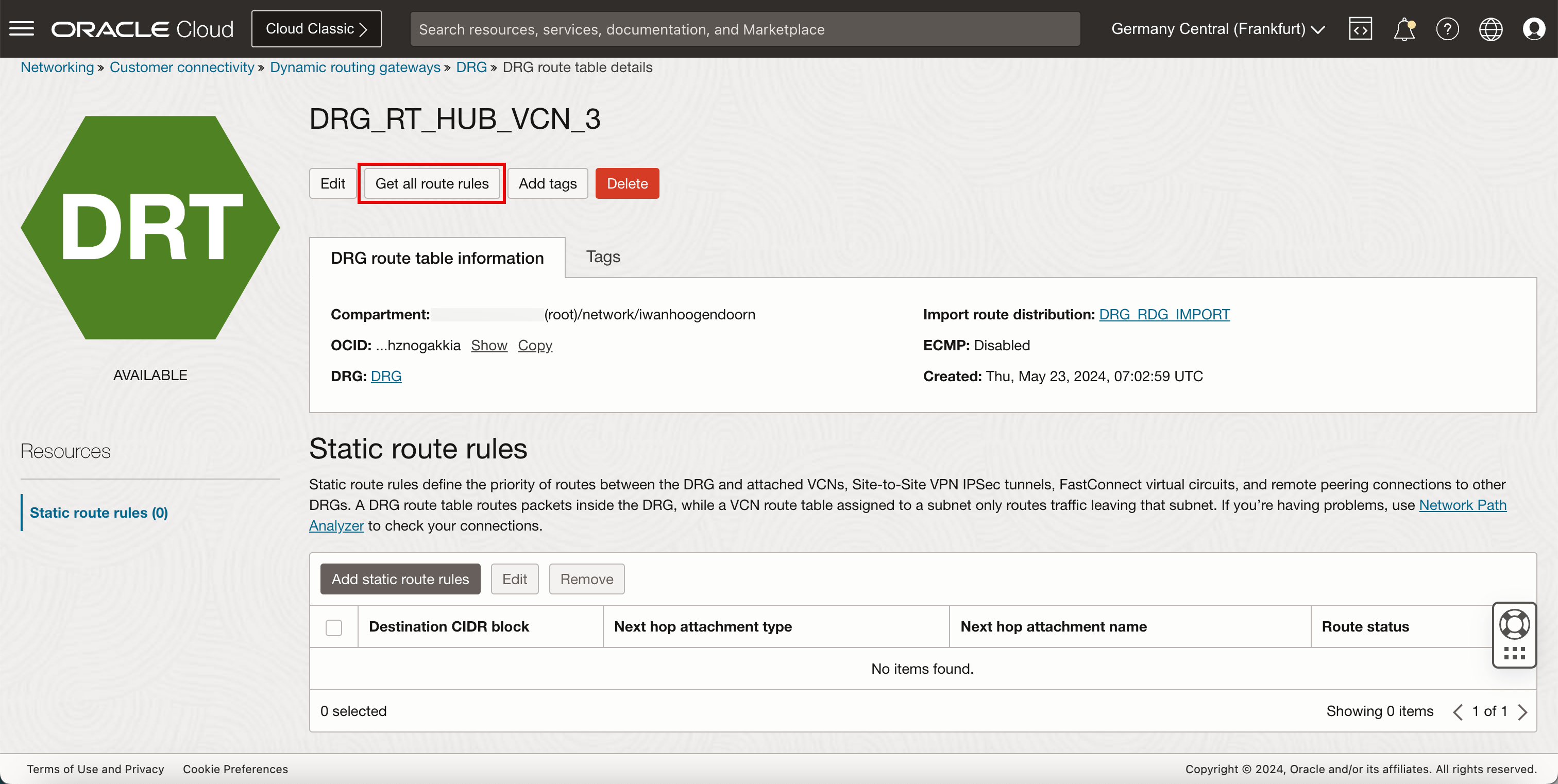

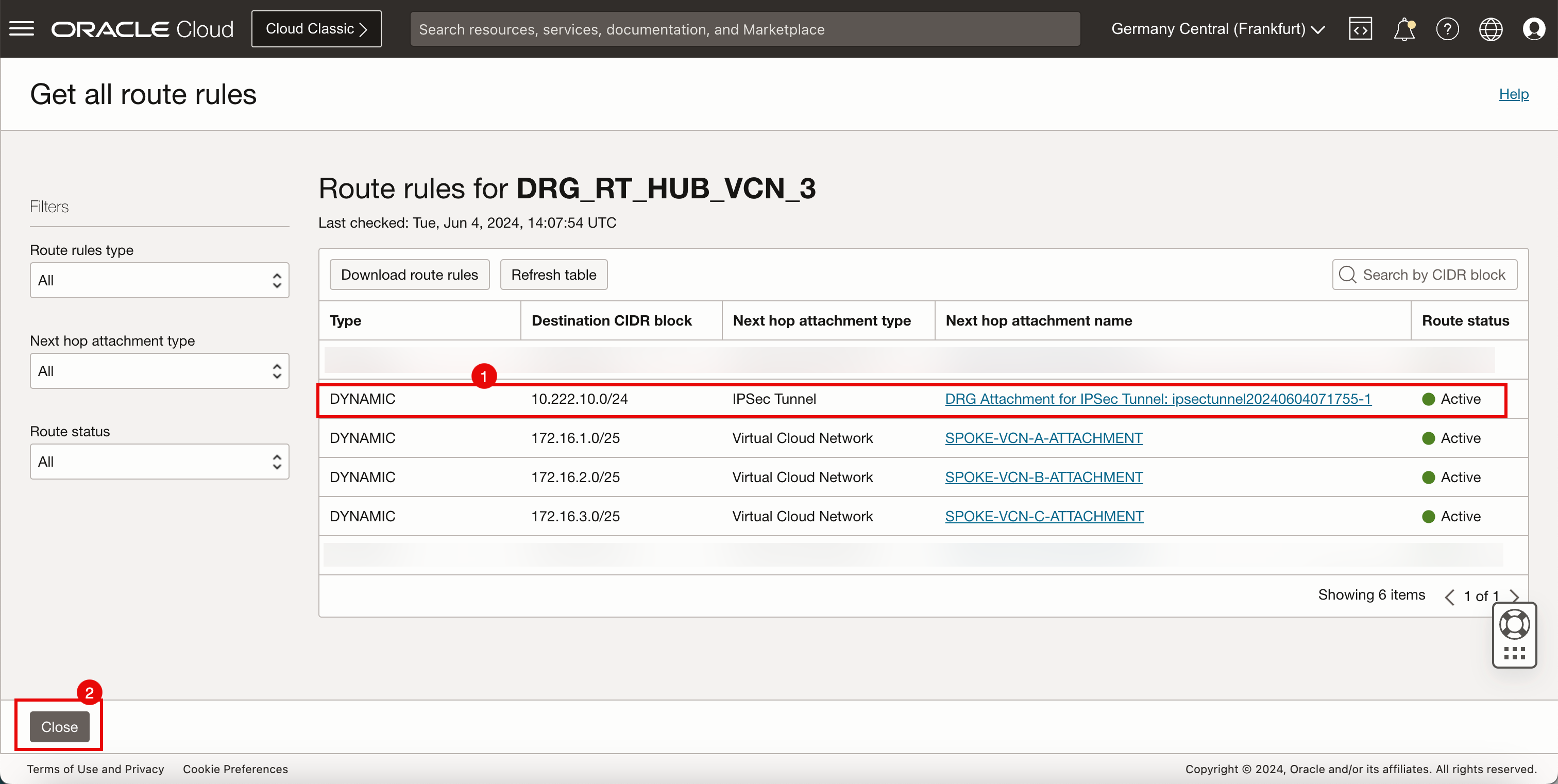

DRG 경로 테이블

DRG_RT_HUB_VCN_3의 경로를 이미 임포트했습니다.참고: 이 DRG 경로 테이블(

DRG_RT_HUB_VCN_3) 및 경로 테이블 연결은 스포크 및 온프레미스(IPSec)의 모든 네트워크가 DRG에서 알려지고 학습되어 DRG에서 스포크에서 사용할 수 있는 네트워크와 스포크 네트워크 경로 지정 위치를 알 수 있도록 합니다.- DRG 경로 테이블을 눌러 확인합니다.

DRG_RT_HUB_VCN_3경로 테이블을 누릅니다.

-

모든 경로 규칙 가져오기를 누릅니다.

- 온프레미스(

10.222.10.0/24)에서 오는 경로가 테이블에 표시됩니다. 즉, DRG는 IPSec 터널을 통해 온프레미스 네트워크(10.222.10.0/24)에 연결하는 방법을 알고 있습니다. - 닫기를 누르면

- 온프레미스(

-

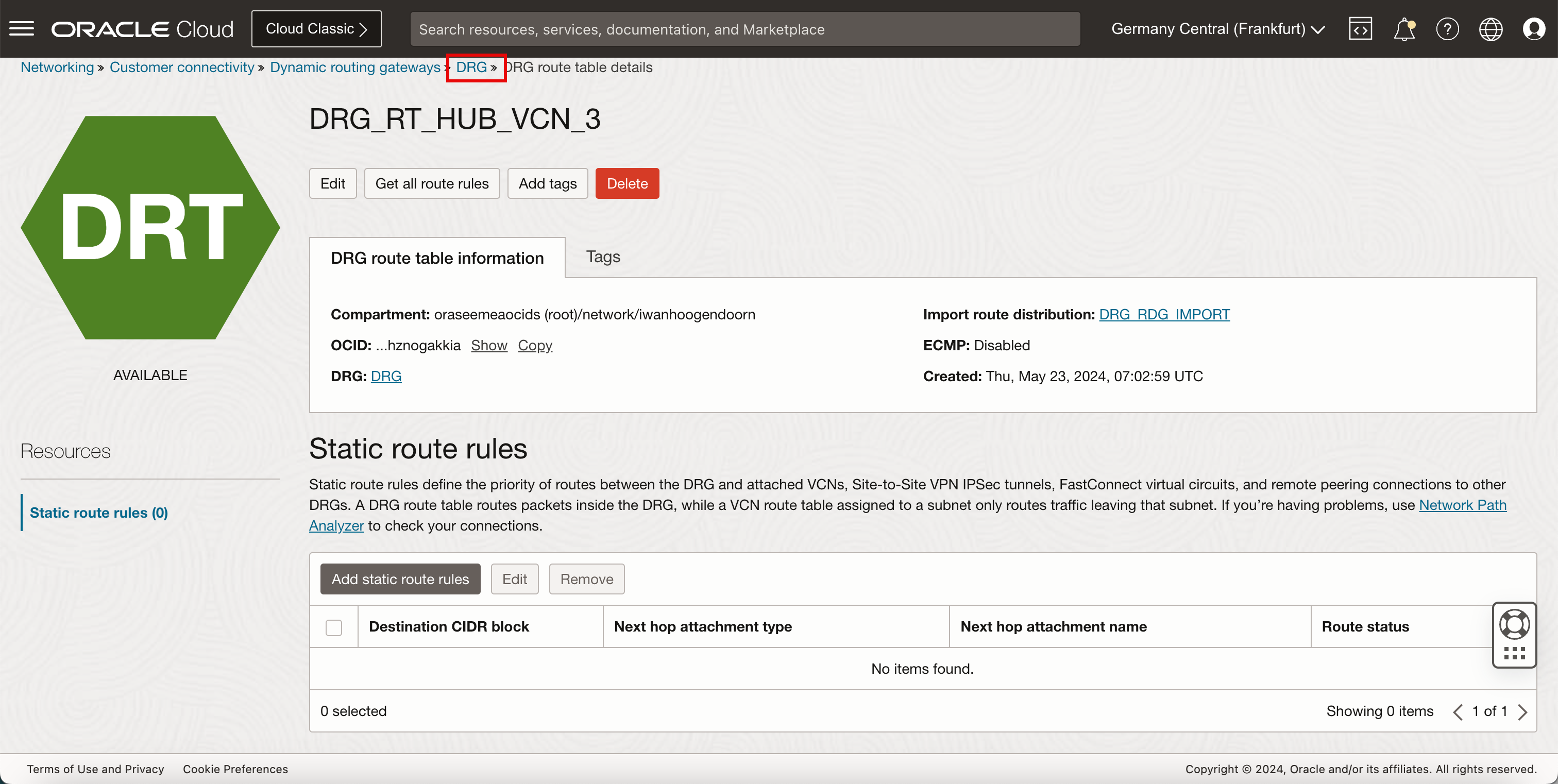

DRG를 눌러 DRG 세부정보 페이지로 돌아갑니다.

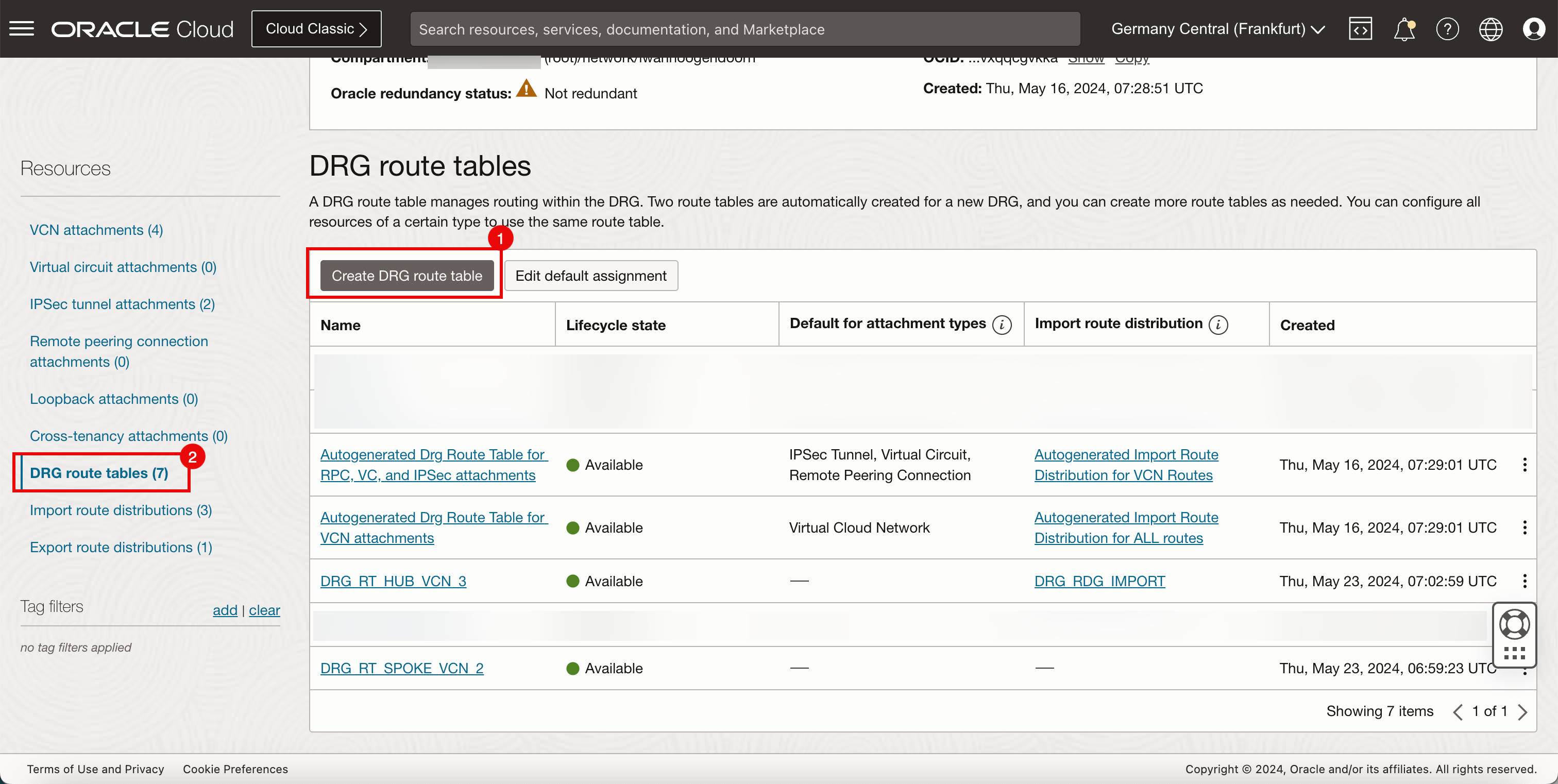

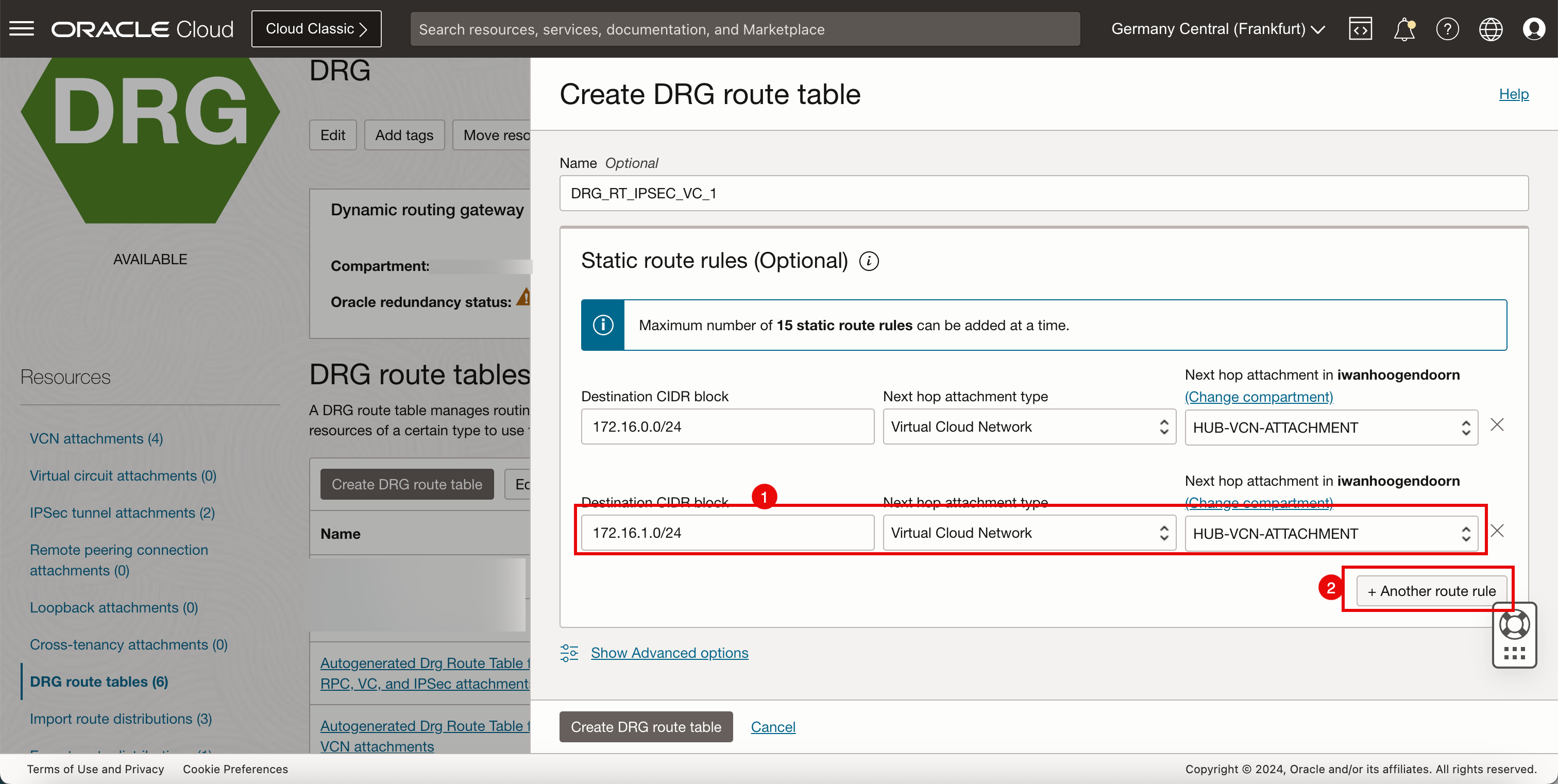

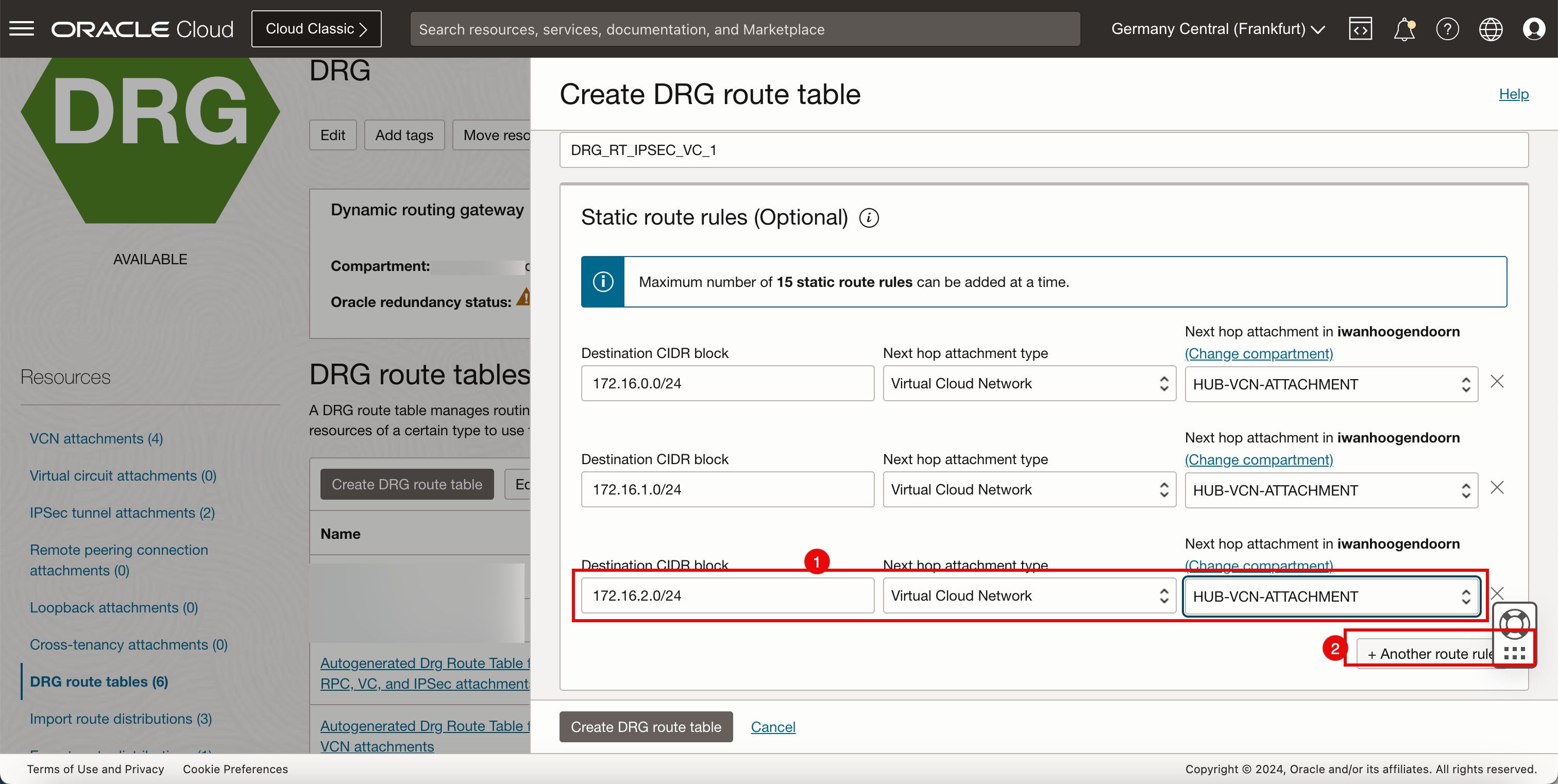

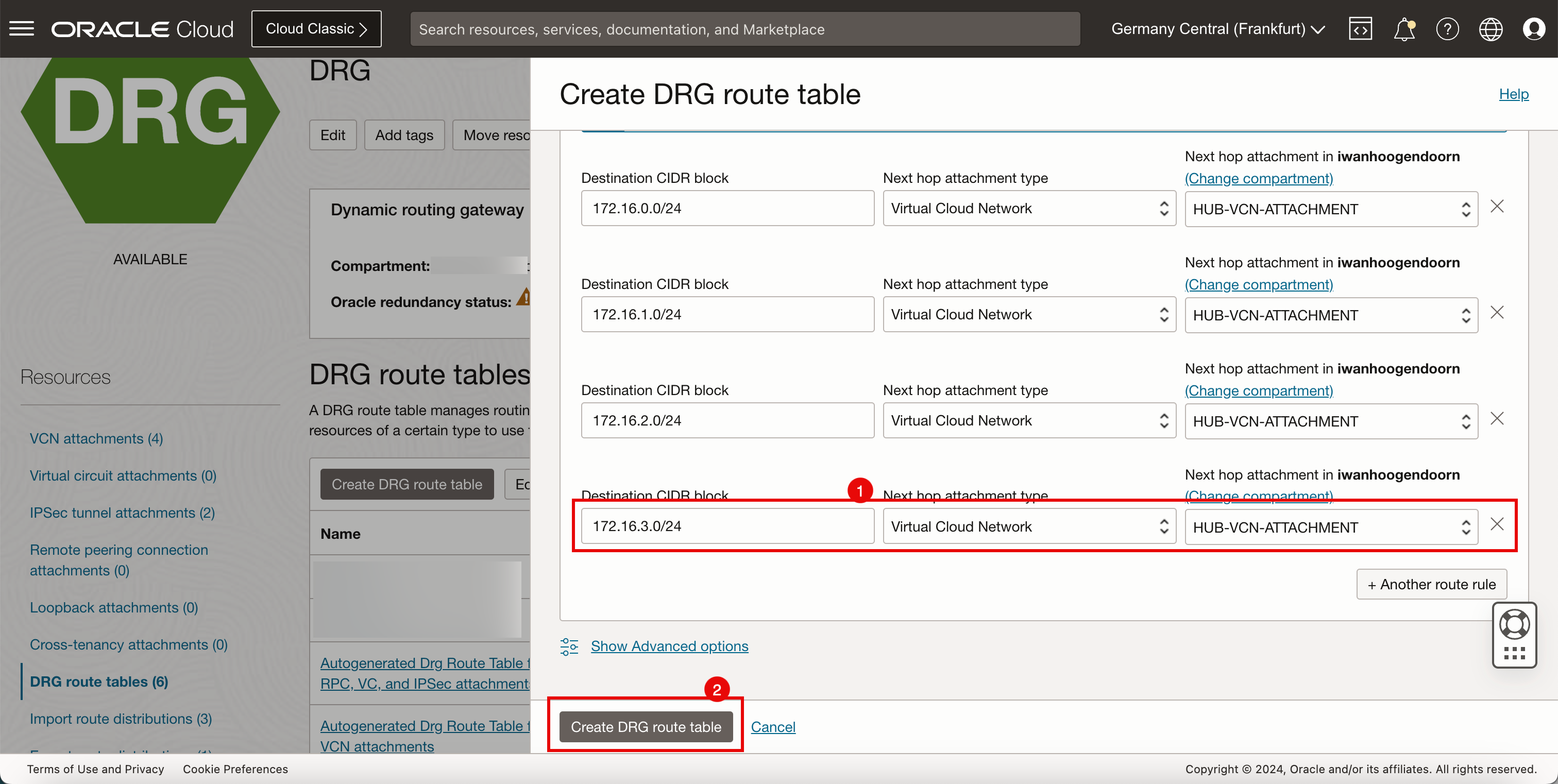

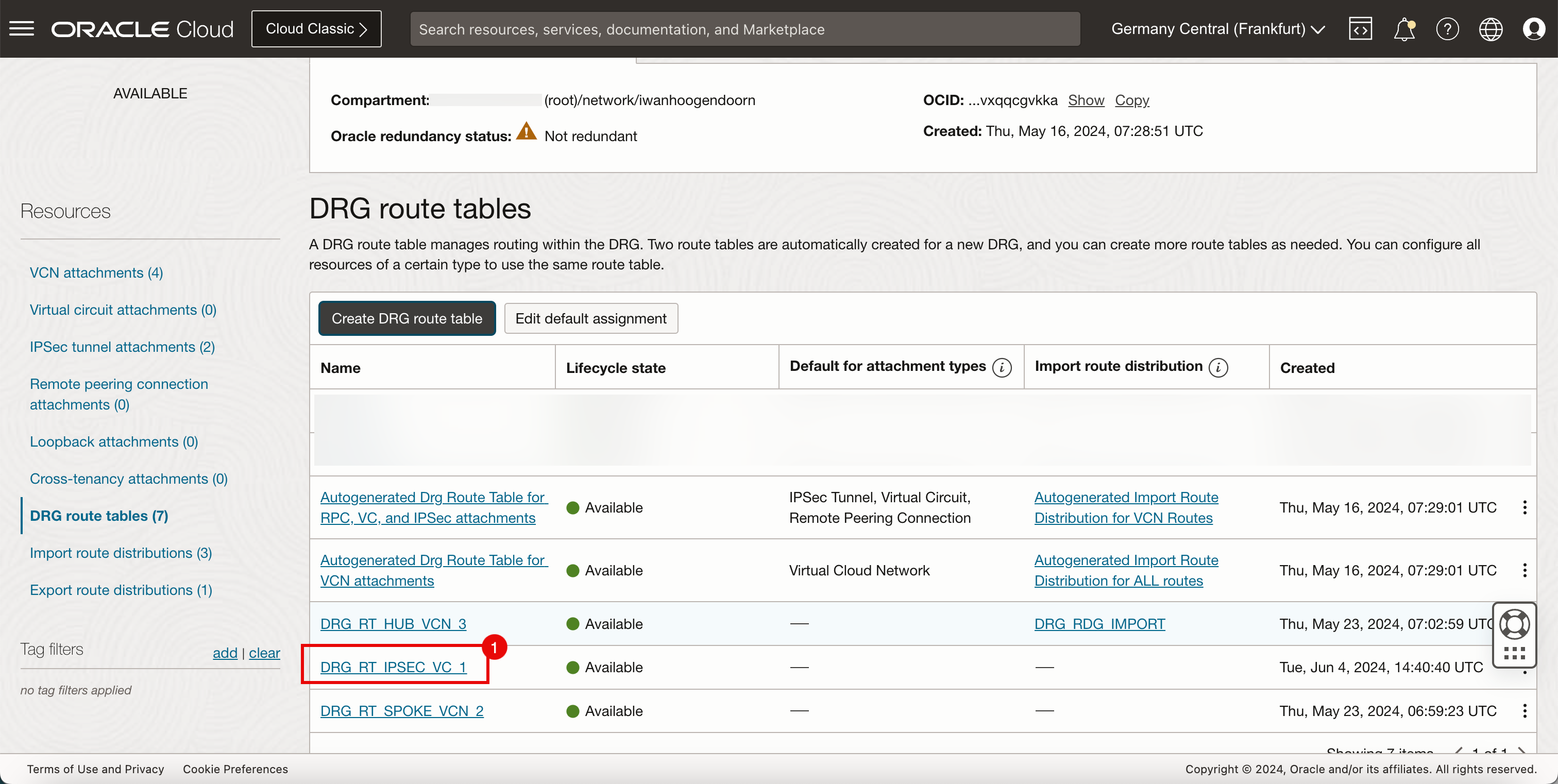

작업 4.2: 새 허브 VCN 경로 테이블 생성 및 IPSec DRG 연결과 연관

-

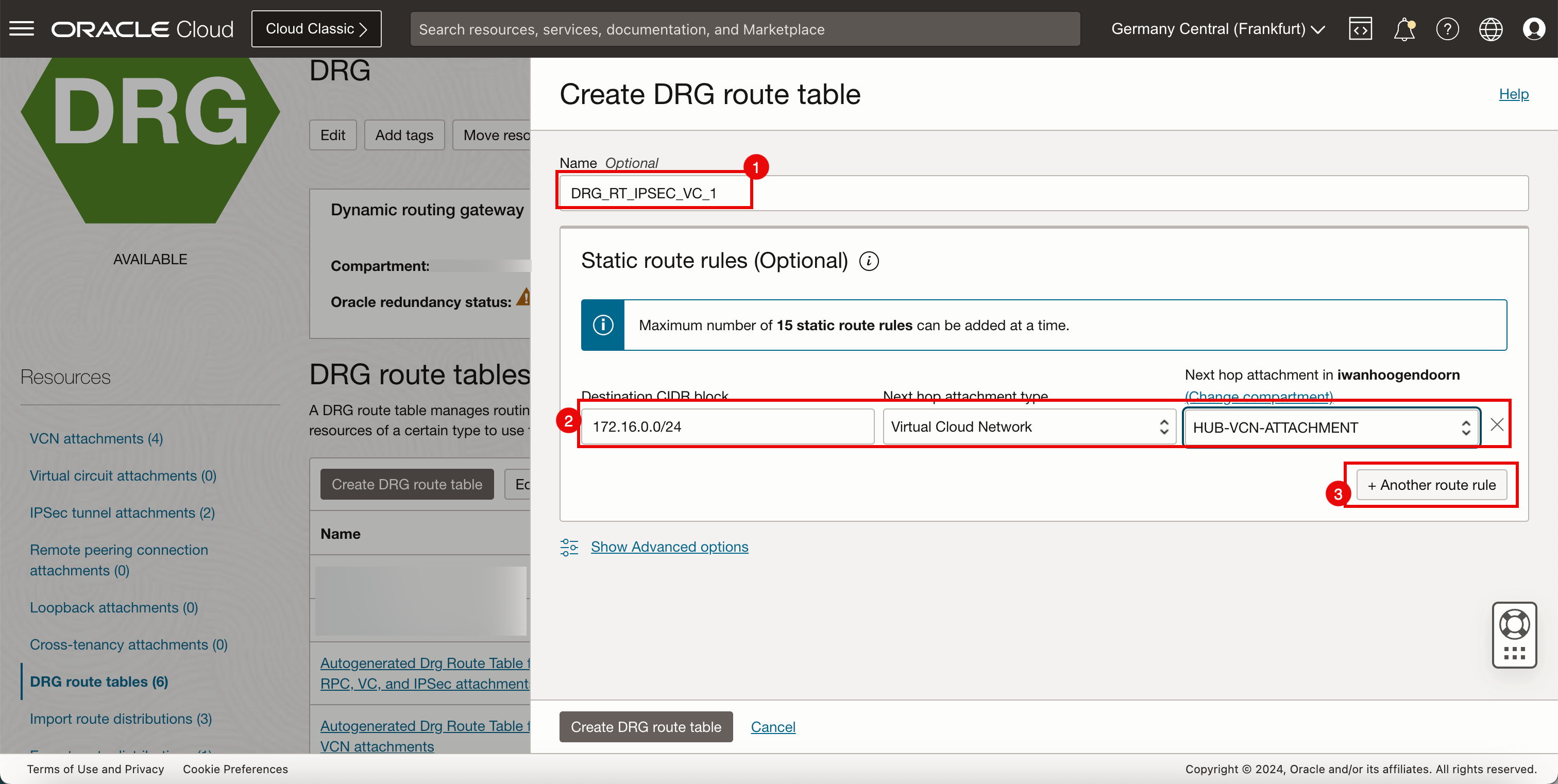

DRG에 새 경로 테이블(

DRG_RT_IPSEC_VC_1)을 생성합니다.대상 CIDR 다음 홉 연결 유형 다음 홉 연결 이름 172.16.0.0/24 가상 클라우드 네트워크 HUB_VCN_ATTACHMENT 172.16.1.0/24 가상 클라우드 네트워크 HUB_VCN_ATTACHMENT 172.16.2.0/24 가상 클라우드 네트워크 HUB_VCN_ATTACHMENT 172.16.3.0/24 가상 클라우드 네트워크 HUB_VCN_ATTACHMENT -

OCI 콘솔로 이동합니다.

- DRG 경로 테이블을 누릅니다.

- DRG 경로 테이블 생성을 누릅니다.

- DRG 경로 테이블의 이름을 입력합니다.

- 정적 경로 규칙에 다음 정보를 입력하여 새 정적 규칙을 추가합니다.

- 대상 CIDR 블록:

172.16.0.0/24를 입력합니다. - 다음 홉 연결 유형: 가상 클라우드 네트워크를 선택합니다.

- 다음 홉 연결: 허브 VCN을 선택합니다.

- 대상 CIDR 블록:

- + 다른 규칙을 누릅니다.

- 새 정적 규칙을 추가합니다.

- 대상 CIDR 블록:

172.16.1.0/24를 입력합니다. - 다음 홉 연결 유형: 가상 클라우드 네트워크를 선택합니다.

- 다음 홉 연결: 허브 VCN을 선택합니다.

- 대상 CIDR 블록:

- + 다른 규칙을 누릅니다.

- 새 정적 규칙을 추가합니다.

- 대상 CIDR 블록:

172.16.2.0/24를 입력합니다. - 다음 홉 연결 유형: 가상 클라우드 네트워크를 선택합니다.

- 다음 홉 연결: 허브 VCN을 선택합니다.

- 대상 CIDR 블록:

- + 다른 규칙을 누릅니다.

- 새 정적 규칙을 추가합니다.

- 대상 CIDR 블록:

172.16.3.0/24를 입력합니다. - 다음 홉 연결 유형: 가상 클라우드 네트워크를 선택합니다.

- 다음 홉 연결: 허브 VCN을 선택합니다.

- 대상 CIDR 블록:

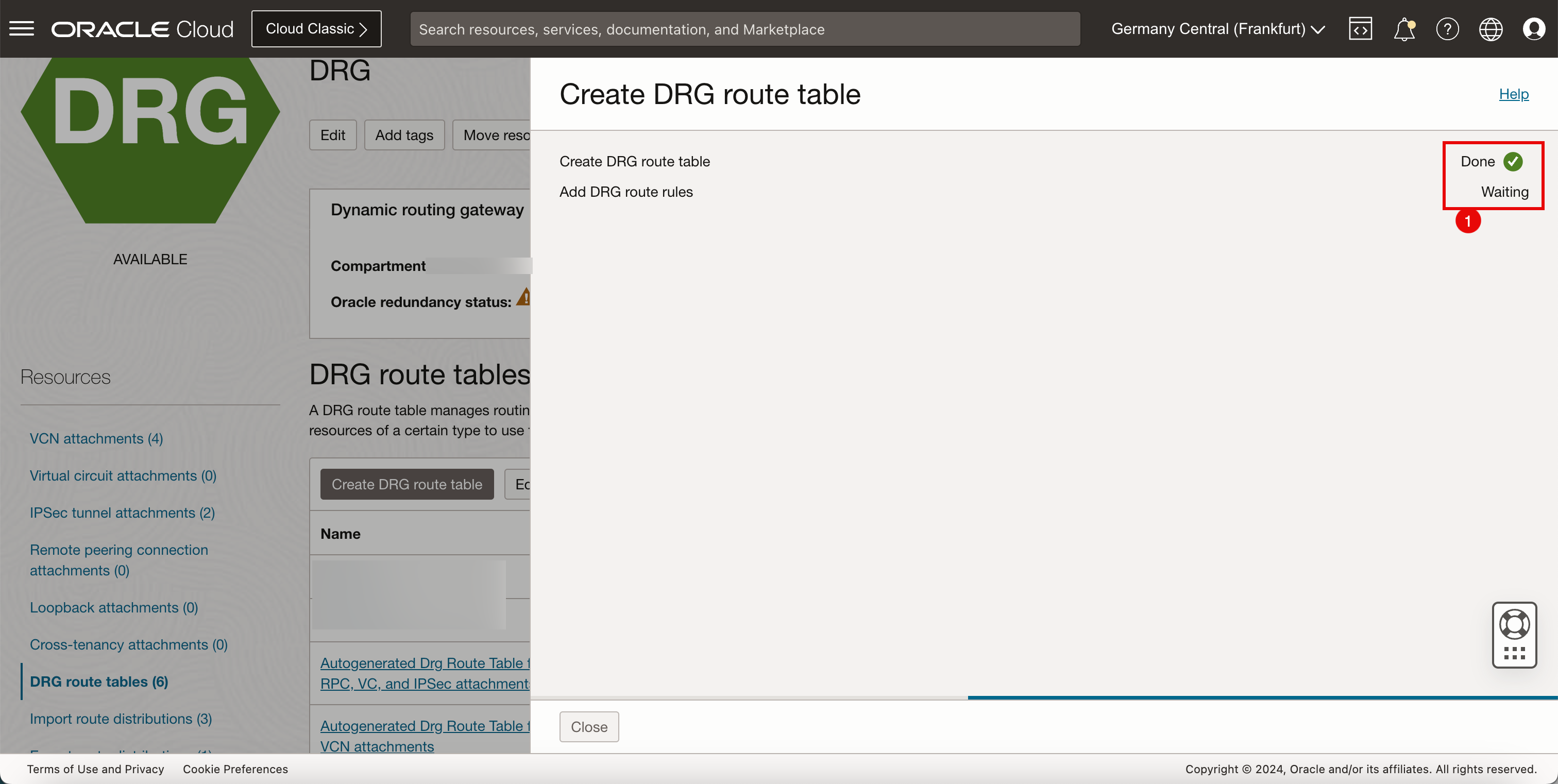

- DRG 경로 테이블 생성을 누릅니다.

-

몇 분 후 경로 테이블이 생성됩니다.

- 새 DRG 경로 테이블(

DRG_RT_IPSEC_VC_1)이 생성됩니다.

- 새 DRG 경로 테이블(

-

다음 이미지는 우리가 지금까지 만든 것을 시각적으로 보여줍니다.

-

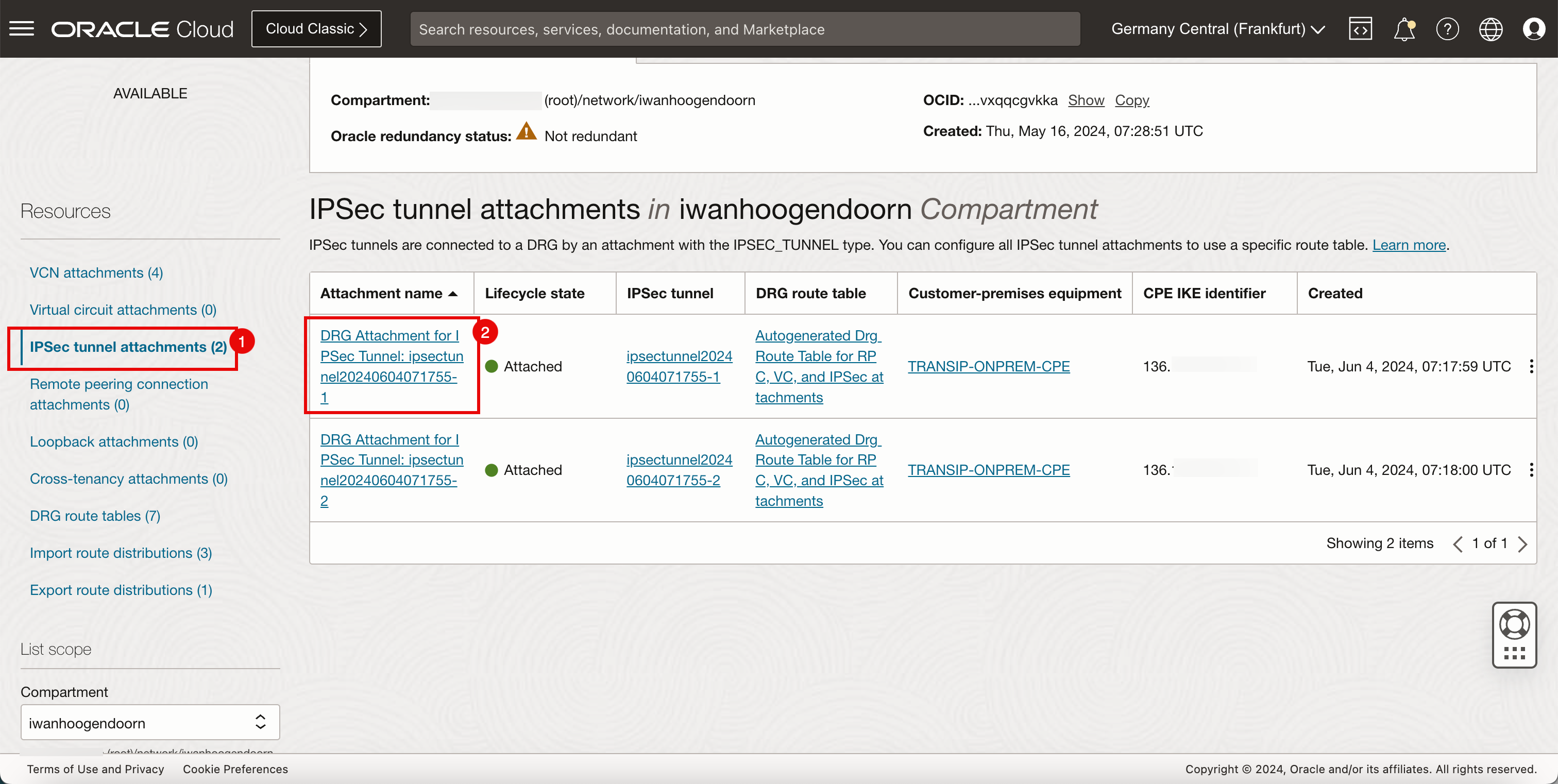

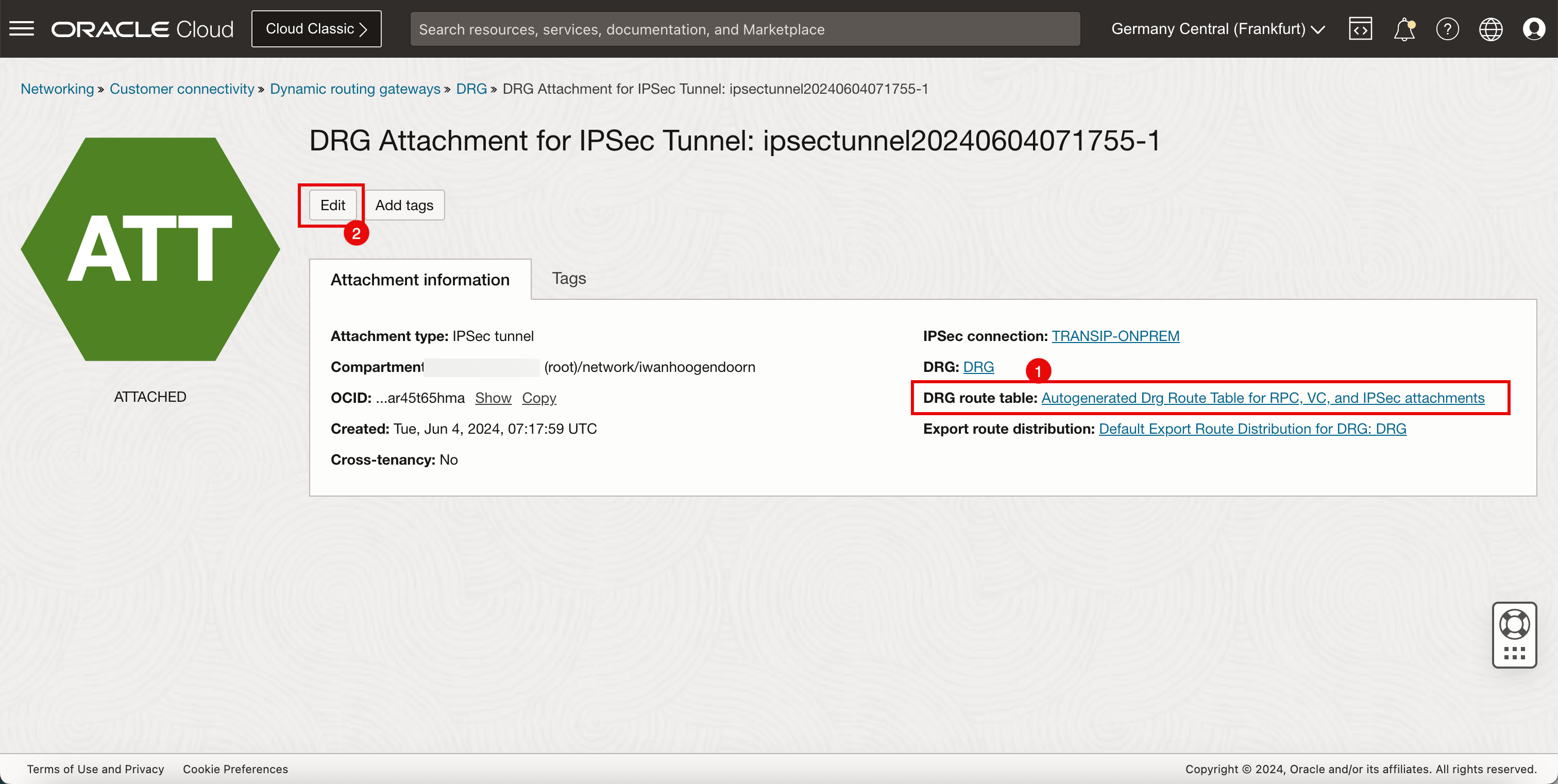

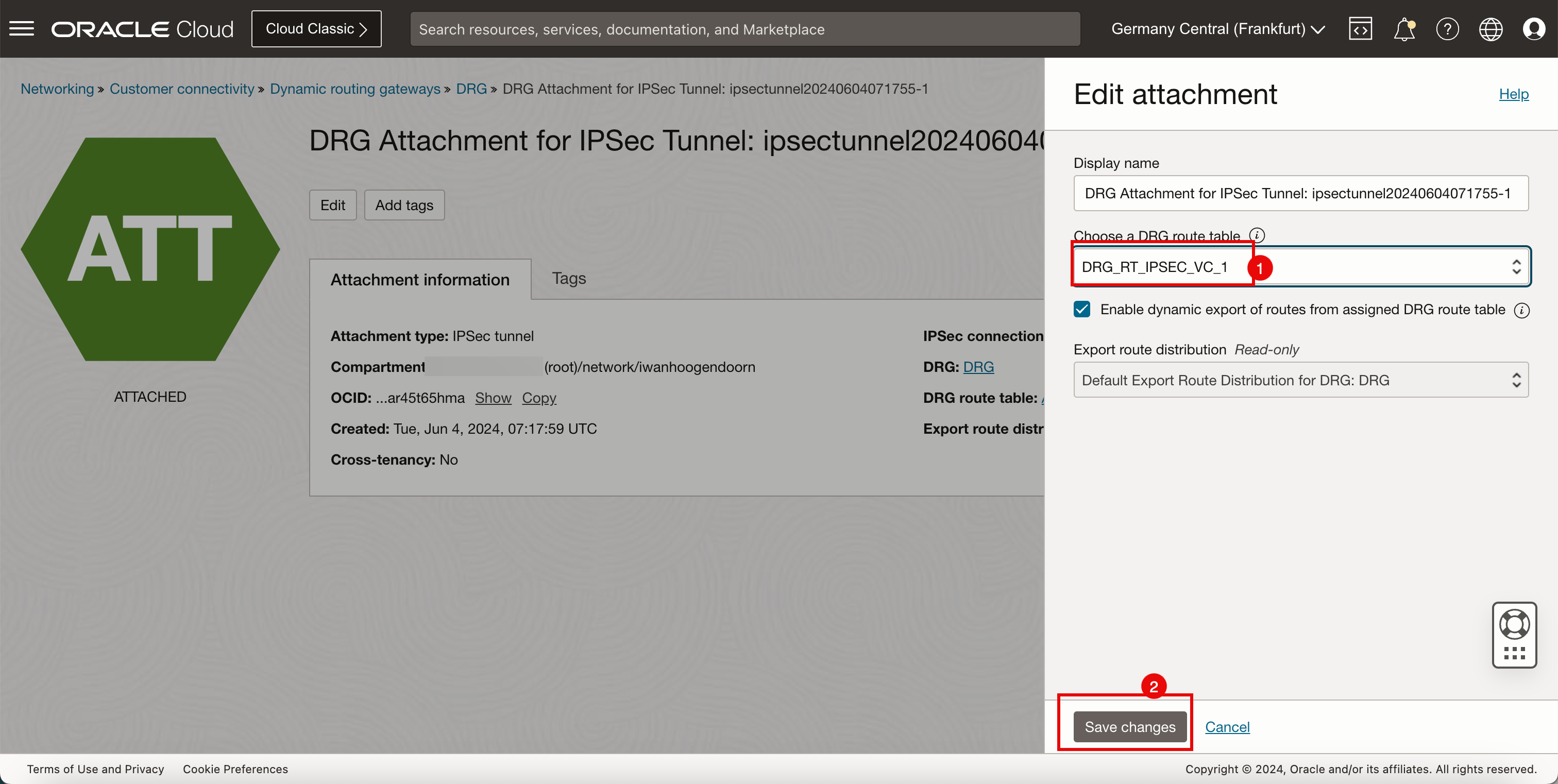

경로 테이블을 DRG IPSec 터널 연결에 연결/연결/바인드해야 합니다.

주: 이 DRG 경로 테이블(

DRG_RT_IPSEC_VC_1) 및 경로 테이블 연결은 스포크에서 온프레미스로 모든 네트워크에 연결할 수 있는지 확인합니다. 이것은 또한 라우팅을 제어하는 방법이며 라우팅할 수 있는 스포크에 대한 라우팅만 허용합니다.- IPSec tunnel attachments(터널 연결)를 누릅니다.

- 첫 번째 첨부 파일을 클릭합니다.

- IPSec 연결에 자동 생성된 기본 DRG 경로 테이블이 사용됩니다.

- 편집을 누릅니다.

- 위에서 생성한 DRG 경로 테이블(

DRG_RT_IPSEC_VC_1)을 선택합니다. - 변경 사항 저장을 누릅니다.

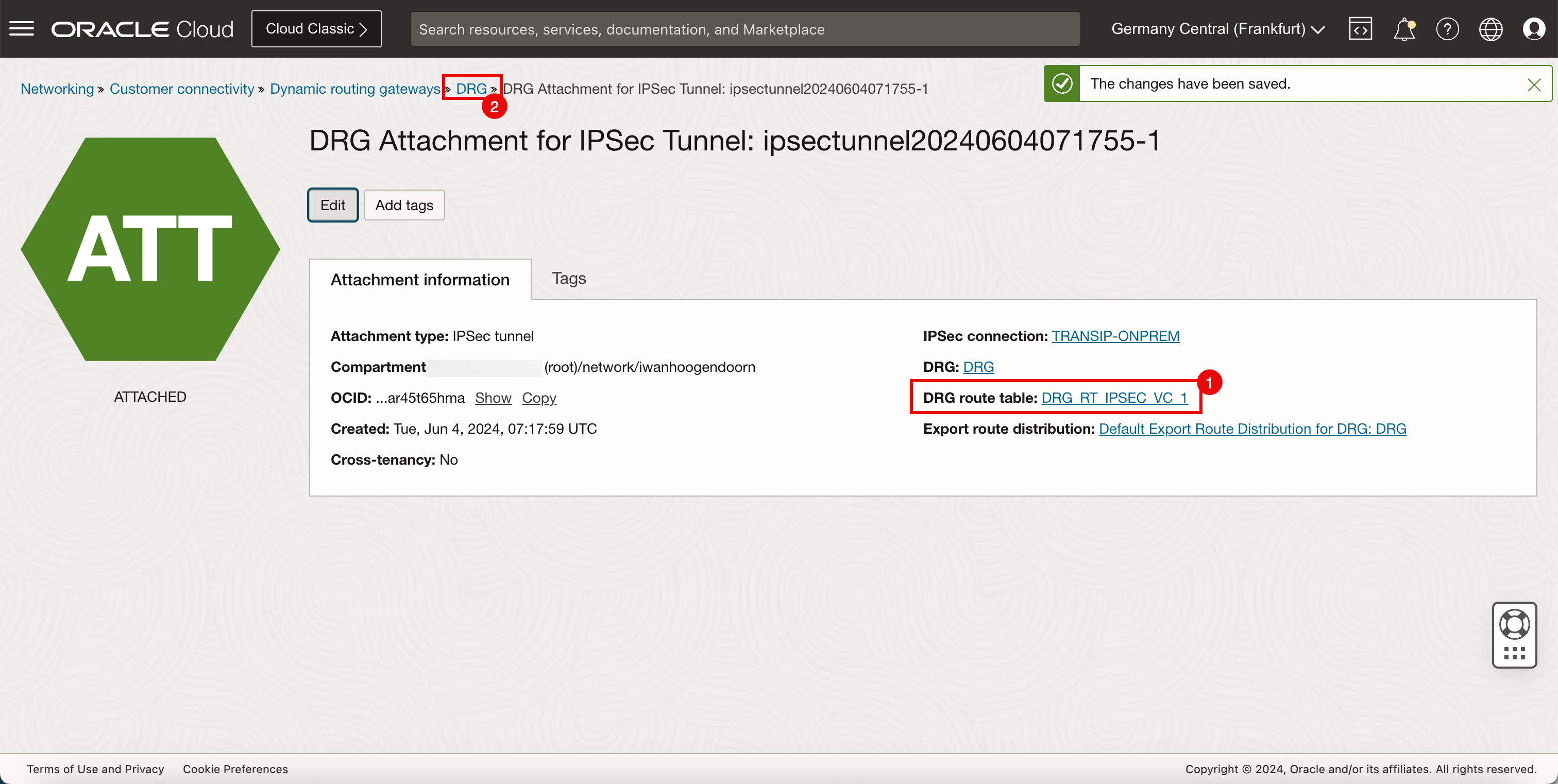

- 새 DRG 경로 테이블이 첫번째 IPSec 터널의 IPSec 연결에서 활성 상태입니다.

- DRG를 눌러 DRG 세부정보 페이지로 돌아갑니다.

-

다음 이미지는 우리가 지금까지 만든 것을 시각적으로 보여줍니다.

주: 이 자습서에서는 두번째 터널을 사용하지 않으므로 두번째 IPSec 터널 연결에서 DRG 경로 테이블을 업데이트하지 않습니다.

작업 4.3: 허브 VCN 전용 서브넷 경로 테이블 업데이트

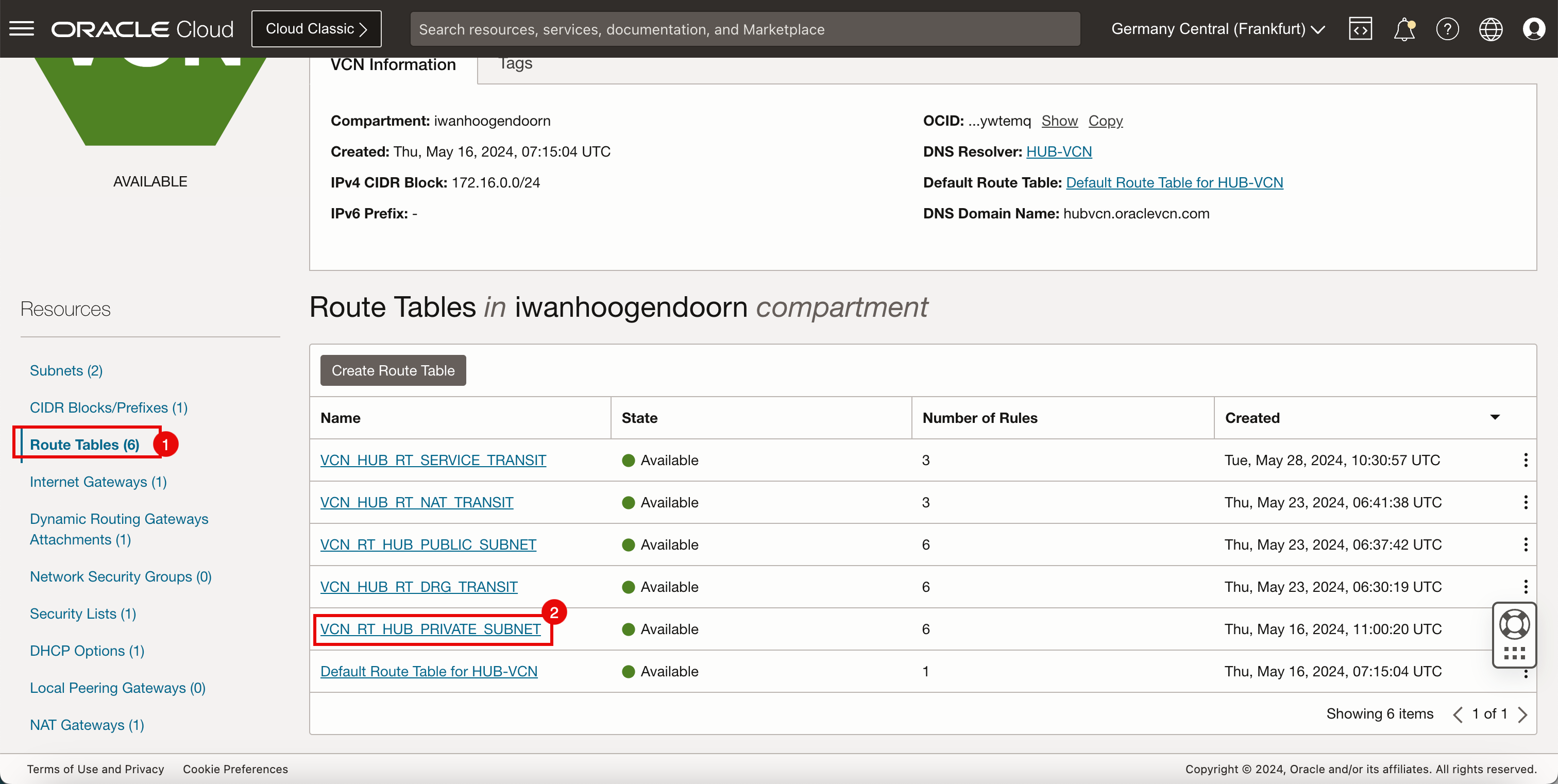

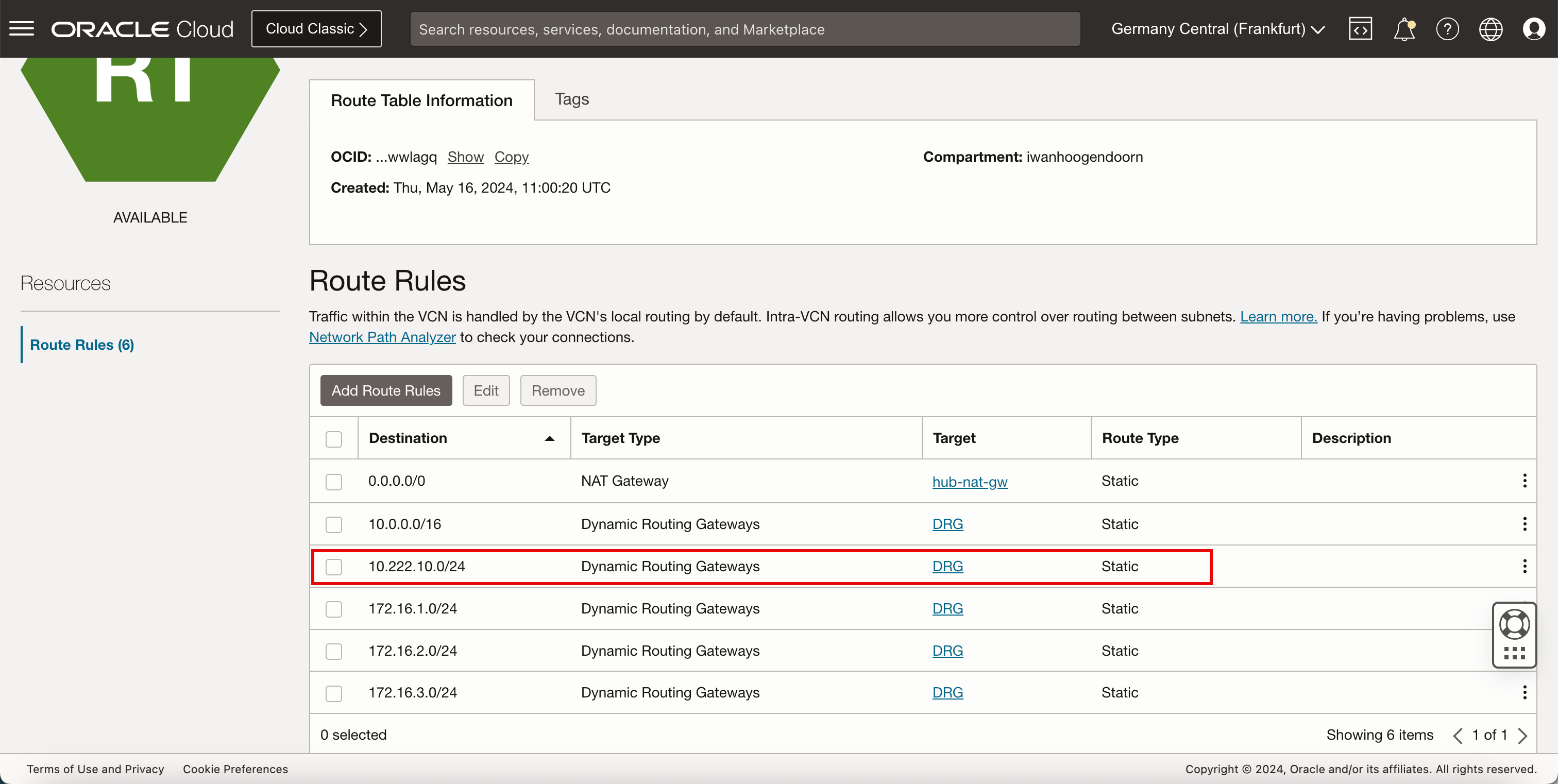

업데이트할 마지막 경로 테이블은 허브 VCN의 전용 서브넷과 연관된 VCN 경로 테이블입니다.

-

허브 VCN에서 경로 테이블(

VCN_RT_HUB_PRIVATE_SUBNET)을 업데이트합니다.(

VCN_RT_HUB_PRIVATE_SUBNET) 테이블에 온-프레미스 네트워크를 추가합니다.대상 대상 유형 Target 경로 유형 0.0.0.0/0 NAT 게이트웨이 허브-나트-GW 정적 172.16.1.0/24 동적 경로 게이트웨이 DRG 정적 172.16.2.0/24 동적 경로 게이트웨이 DRG 정적 172.16.3.0/24 동적 경로 게이트웨이 DRG 정적 10.222.10.0/24 동적 경로 게이트웨이 DRG 정적 참고: 이 VCN 라우트 테이블(

VCN_RT_HUB_PRIVATE_SUBNET)은 스포크 및 온프레미스 IPSec 네트워크로 향하는 트래픽을 방화벽으로 라우팅합니다. NAT 게이트웨이로 향하는 인터넷(Spoke 네트워크 이외의 모든 트래픽) 트래픽도 이 경로 테이블에 의해 경로 지정됩니다. -

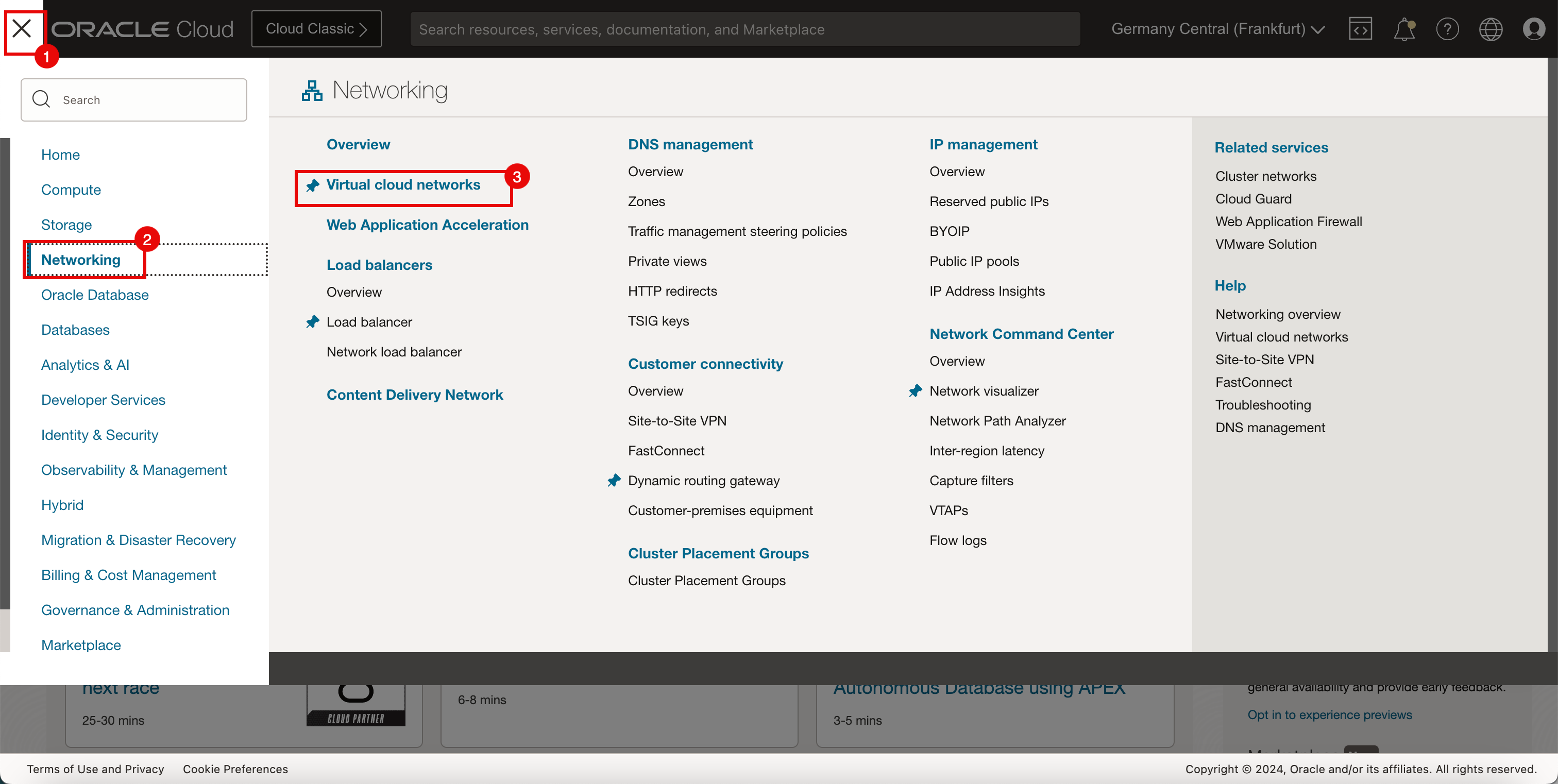

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

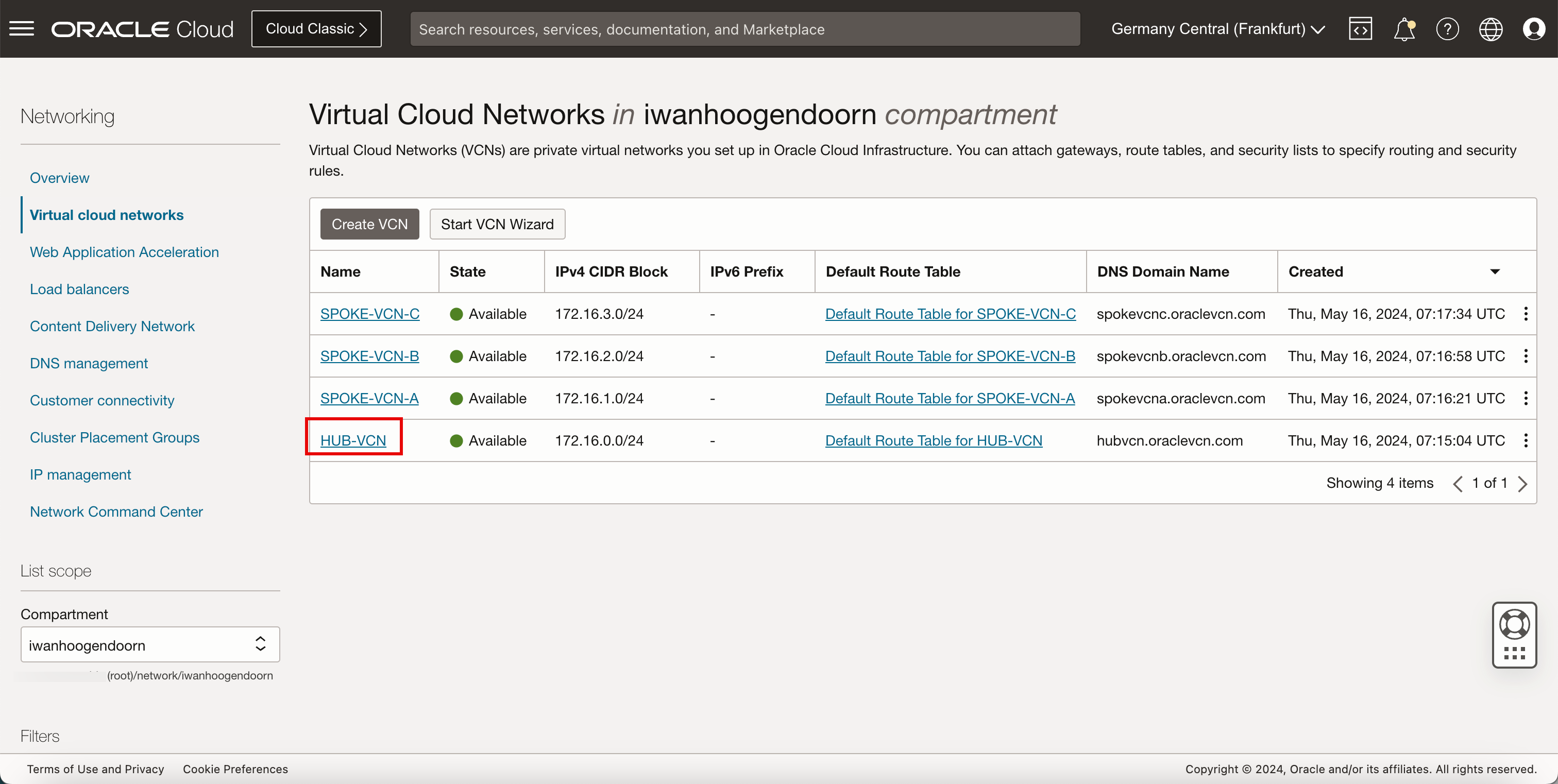

- 가상 클라우드 네트워크를 누릅니다.

-

허브 VCN을 누릅니다.

- 경로 테이블을 누릅니다.

VCN_RT_HUB_PRIVATE_SUBNET경로 테이블을 누릅니다.

-

새 경로 규칙을 이미 추가했으므로 추가했는지 확인하십시오. 경로 규칙에 성공적으로 추가하면 다음과 같아야 합니다.

-

다음 이미지는 우리가 지금까지 만든 것을 시각적으로 보여줍니다.

작업 5: pfSense를 사용하여 온프레미스에서 사이트 간 VPN 생성

IPSec 터널의 OCI측을 구성했습니다. 온프레미스 쪽을 구성해 보겠습니다. pfSense 방화벽을 IPSec 종료 끝점으로 사용하고 있습니다.

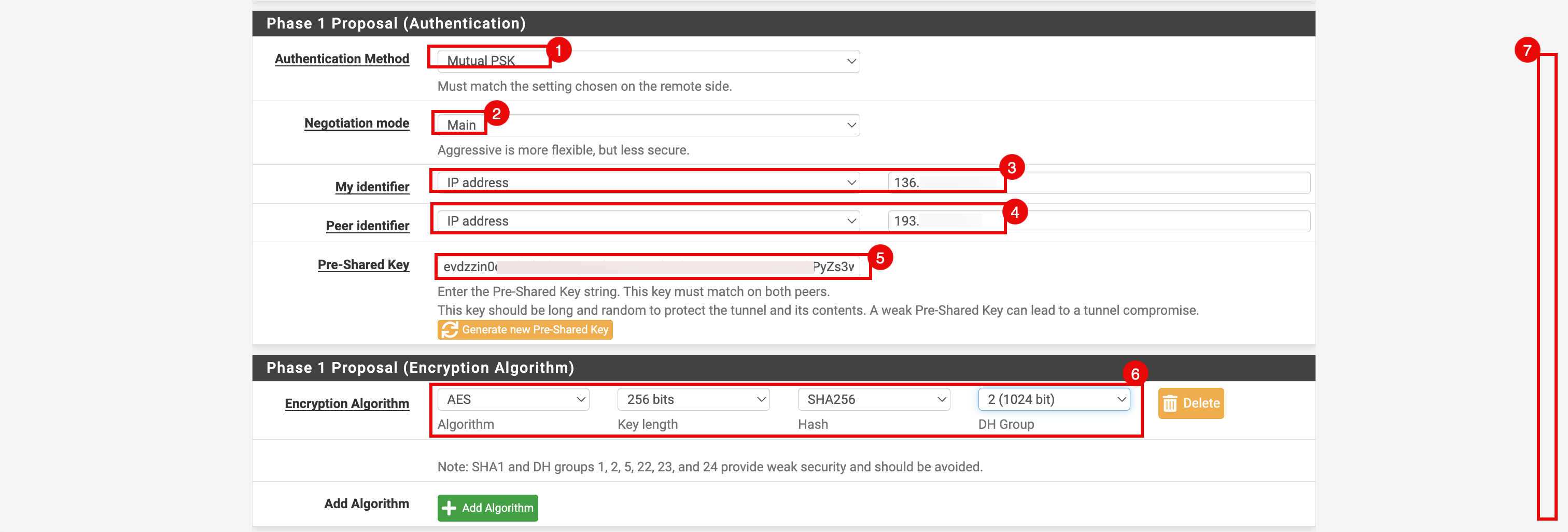

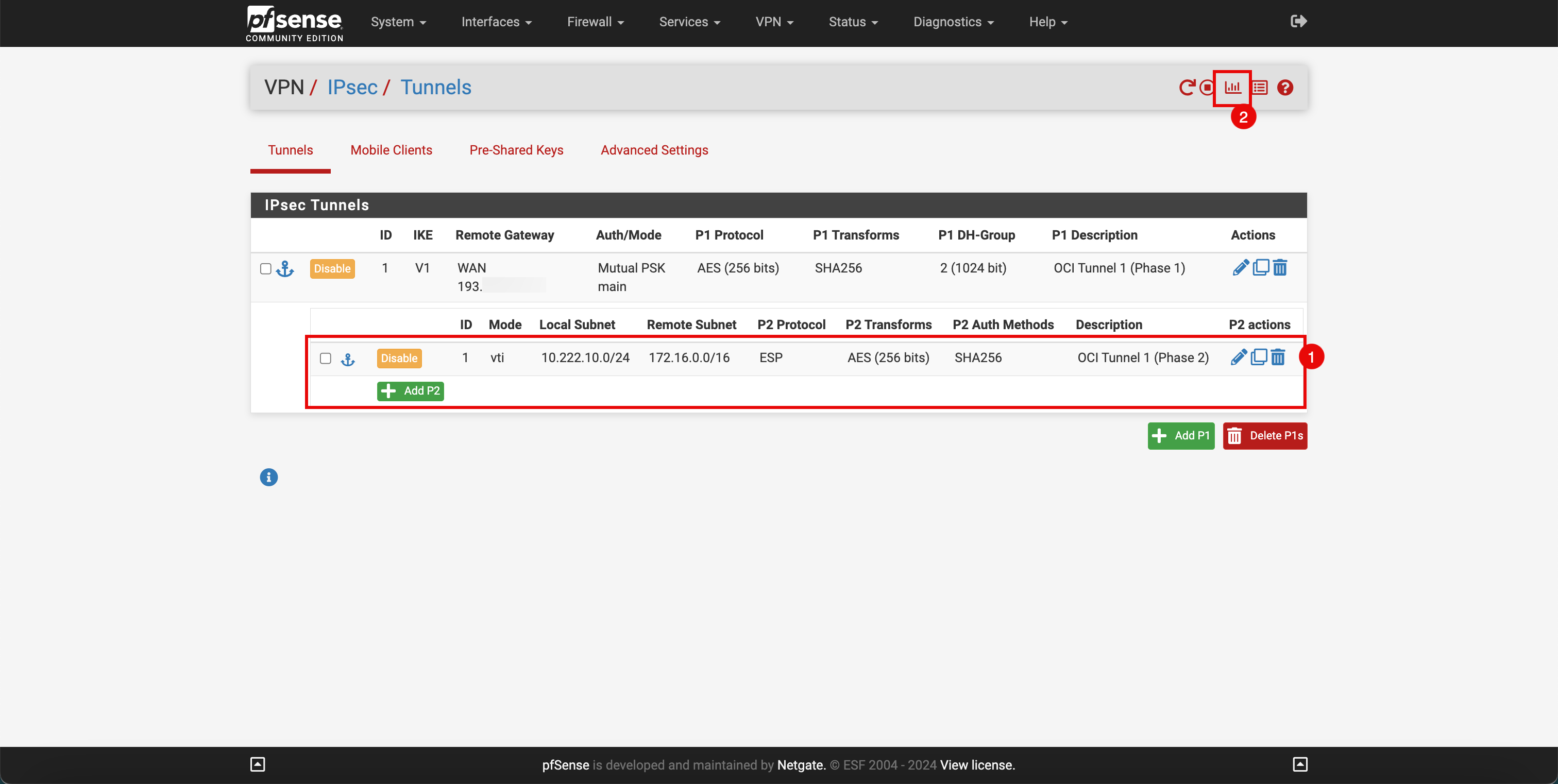

작업 5.1: IPSec 터널 만들기(1단계 ISAKMP)

-

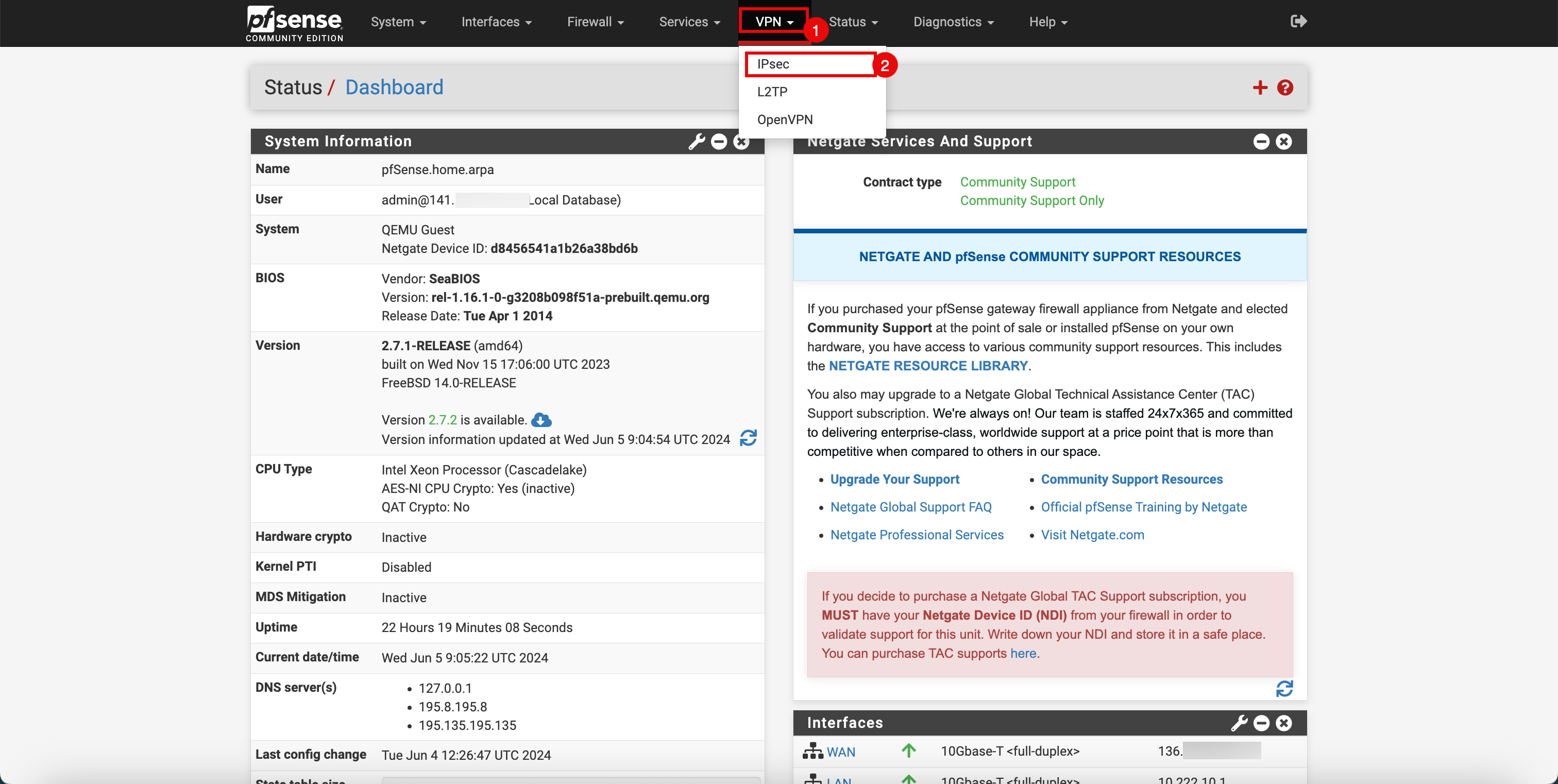

pfSense 포털로 이동합니다.

- VPN 드롭다운 메뉴를 누릅니다.

- IPSec을 누릅니다.

- 터널을 누릅니다.

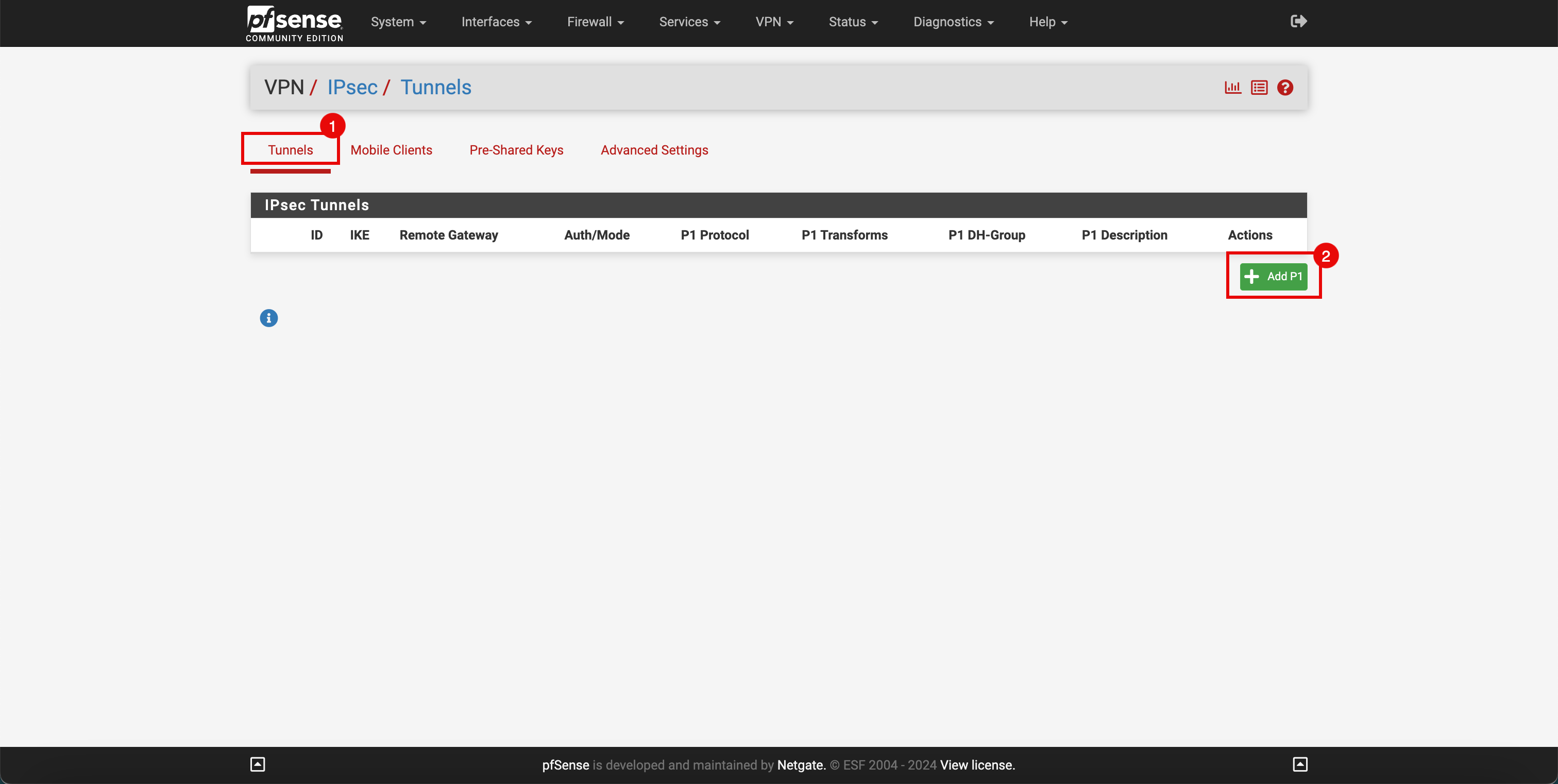

- + P1 추가를 누릅니다.

- 설명을 입력합니다.

- 키 교환 버전에서 IKEv1을 선택합니다.

- 인터넷 프로토콜에서 IPv4을 선택합니다.

- 인터페이스에서 WAN을 선택합니다.

- 원격 게이트웨이에 공용 IP 주소를 입력합니다. 공용 IP 주소는 OCI 콘솔에서 검색할 수 있습니다. 네트워킹, 고객 연결, 사이트 간 VPN으로 이동하고 VPN을 누릅니다.

- 아래로.

-

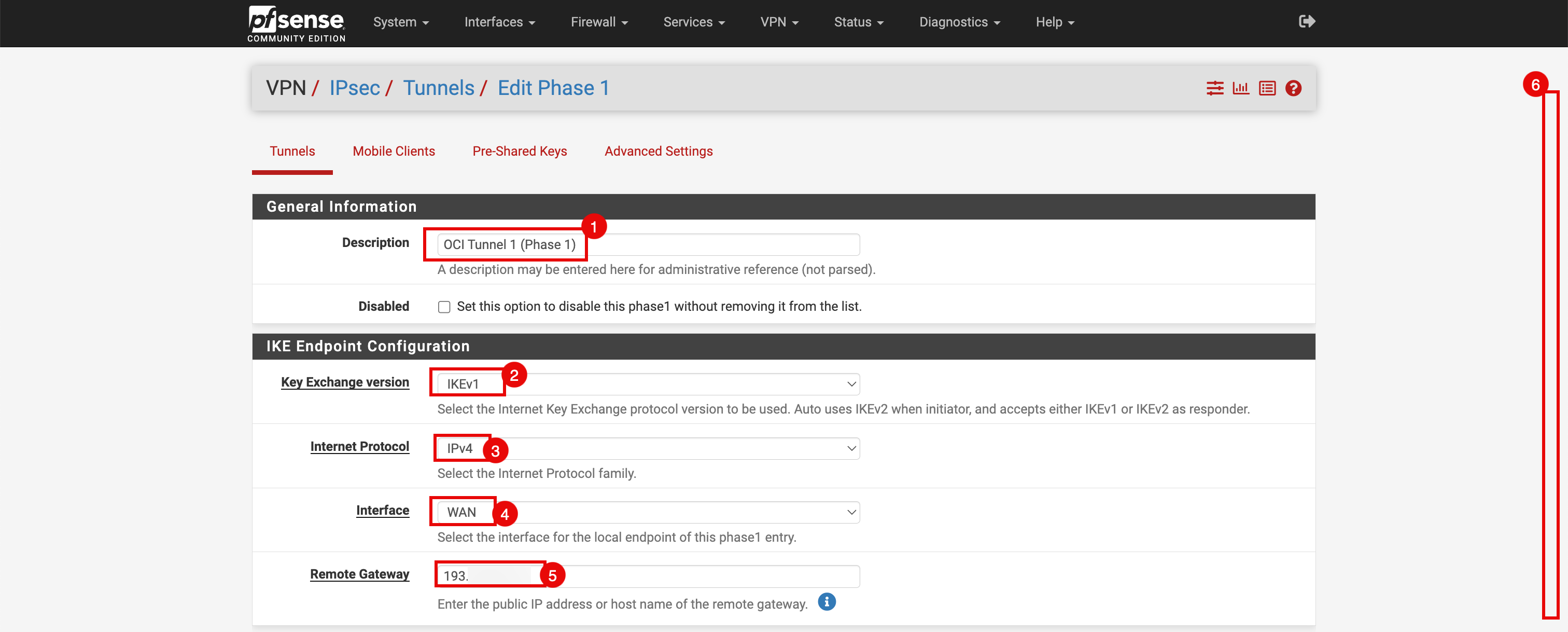

단계 1 제안 섹션에서 다음 정보를 입력합니다.

- 인증 방법에서 상호 PSK를 선택합니다.

- 협상 모드에서 기본을 선택합니다.

- 내 식별자에서 IP 주소를 선택하고 작업 3에서 검색된 온프레미스 측의 로컬 공용 IP 주소를 입력합니다.

- 피어 식별자에서 IP 주소를 선택하고 OCI측의 원격 공용 IP 주소를 입력합니다.

- 태스크 3에서 검색된 (사전) 공유 암호 키를 입력합니다.

- 암호화 알고리즘을 구성합니다.

- 알고리즘: AES를 선택합니다.

- 키 길이: 256비트를 선택합니다.

- 해시: SHA256를 선택합니다.

- DH 그룹: 2 (1024 bit)를 선택합니다. - 아래로 스크롤합니다.

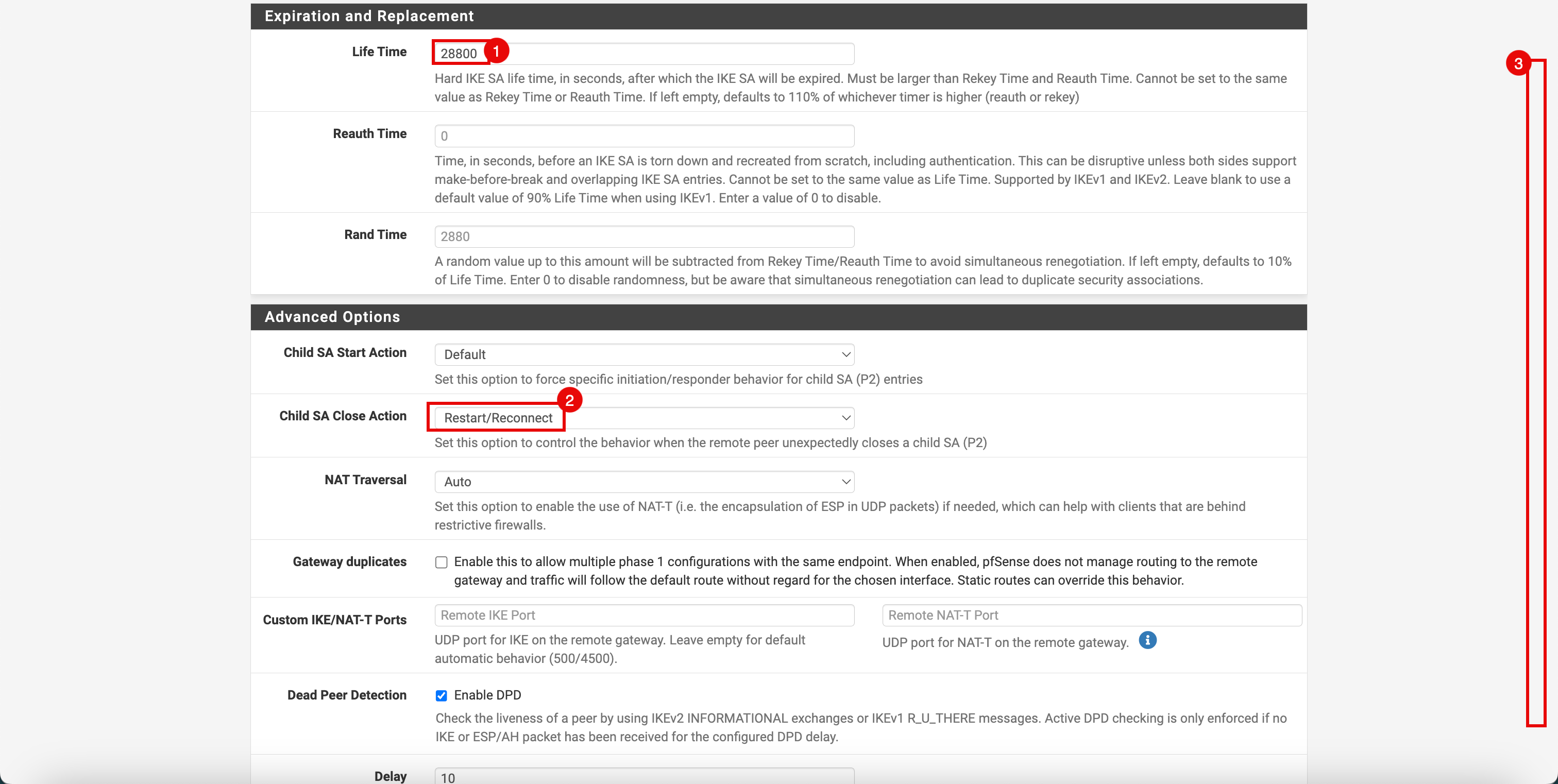

- 수명 시간에

28800초를 입력합니다. - 하위 SA 마감 작업에서 다시 시작/다시 연결을 선택합니다.

- 아래로.

-

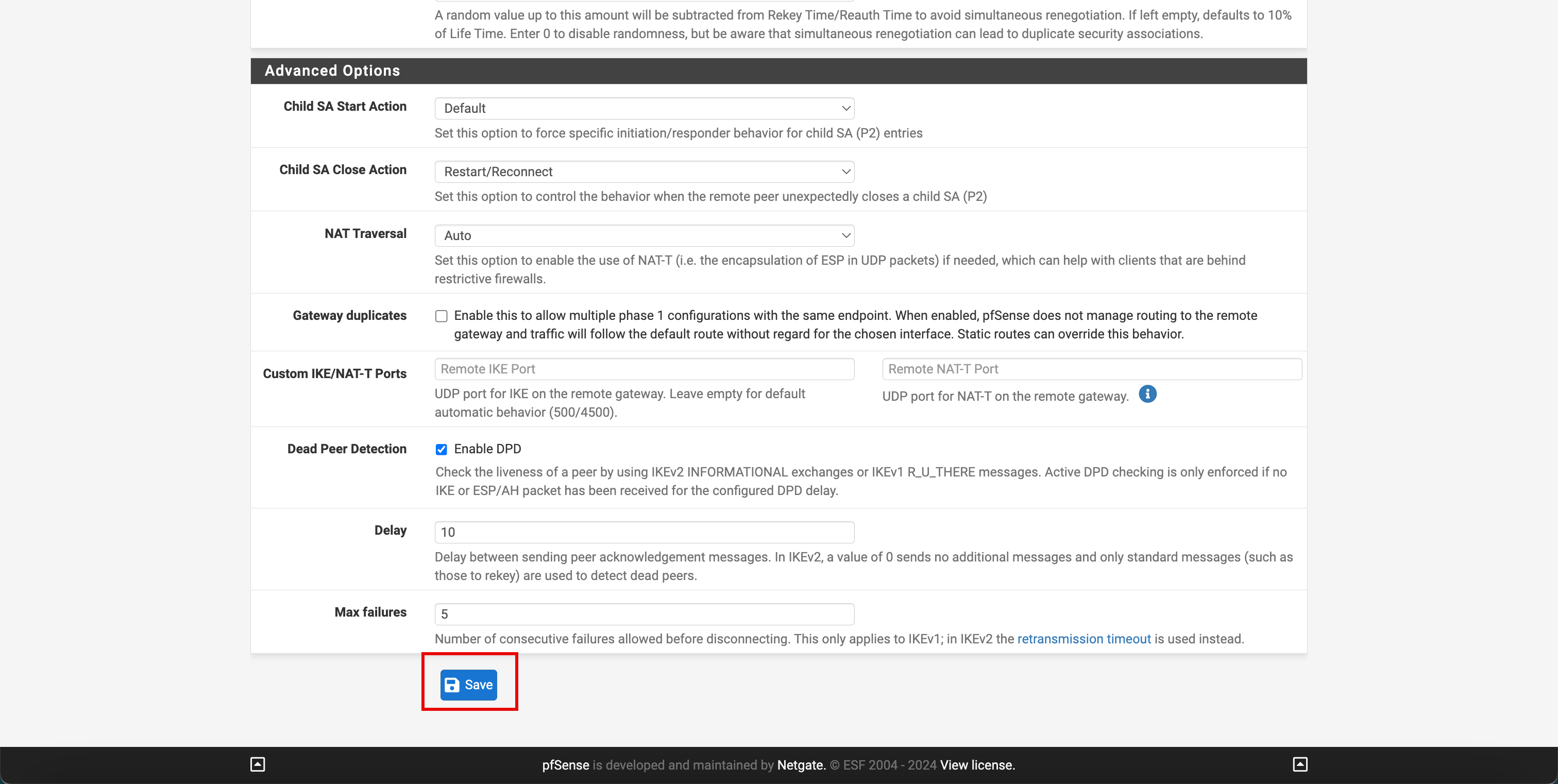

Save를 누릅니다.

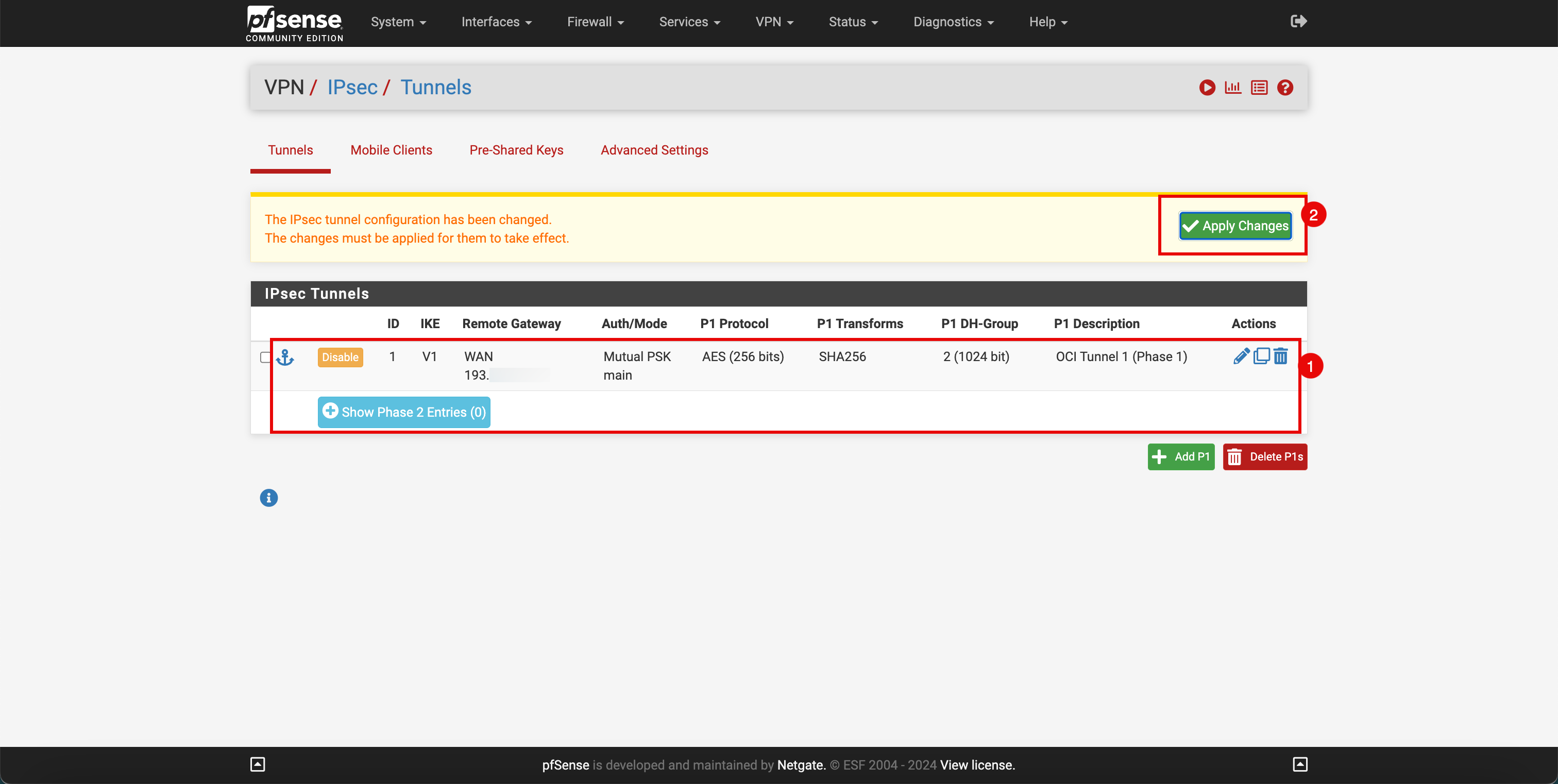

- 1단계 IPSec 구성이 구성되었습니다.

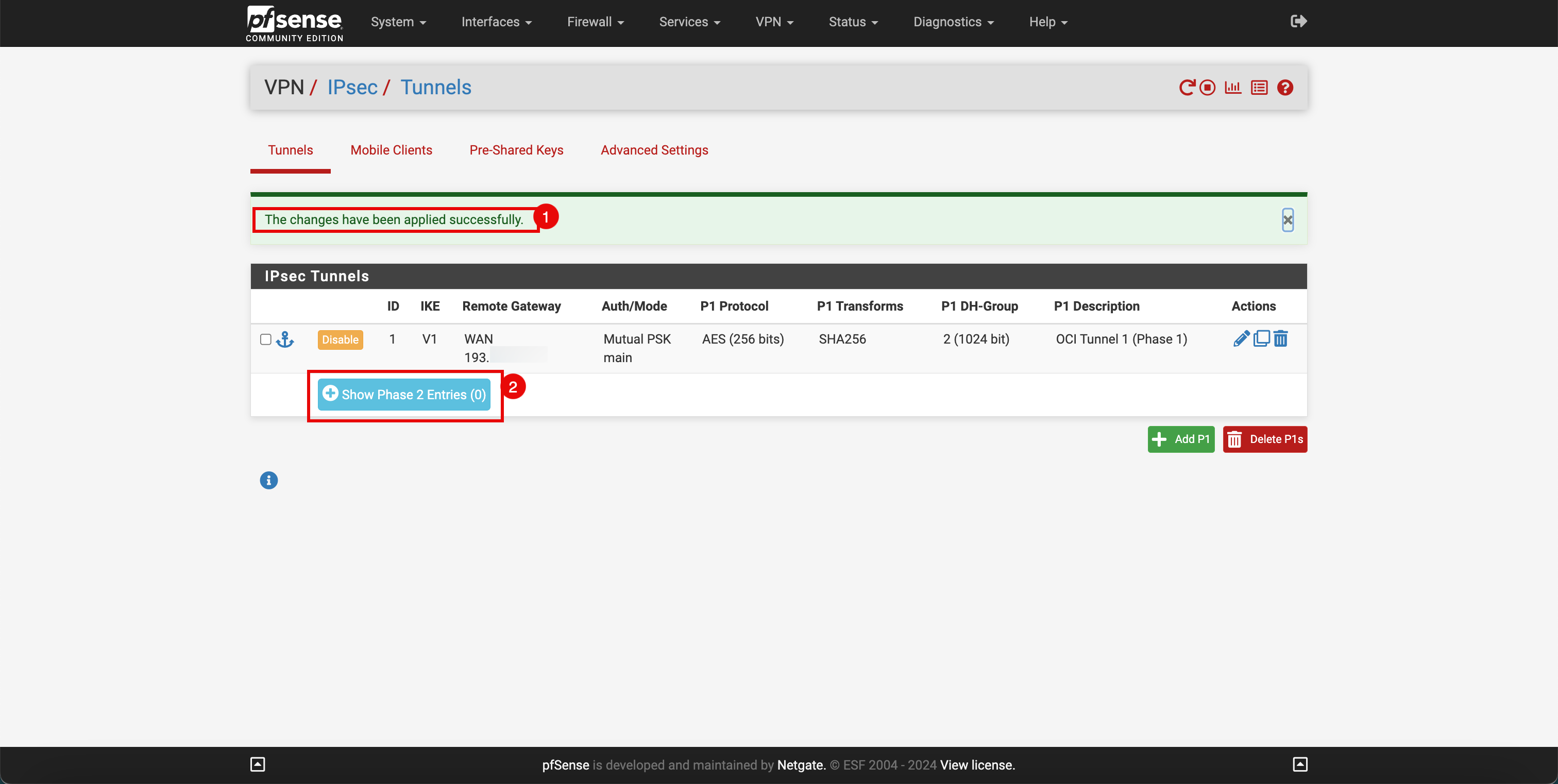

- 변경 사항 적용을 눌러 변경 사항을 커밋합니다.

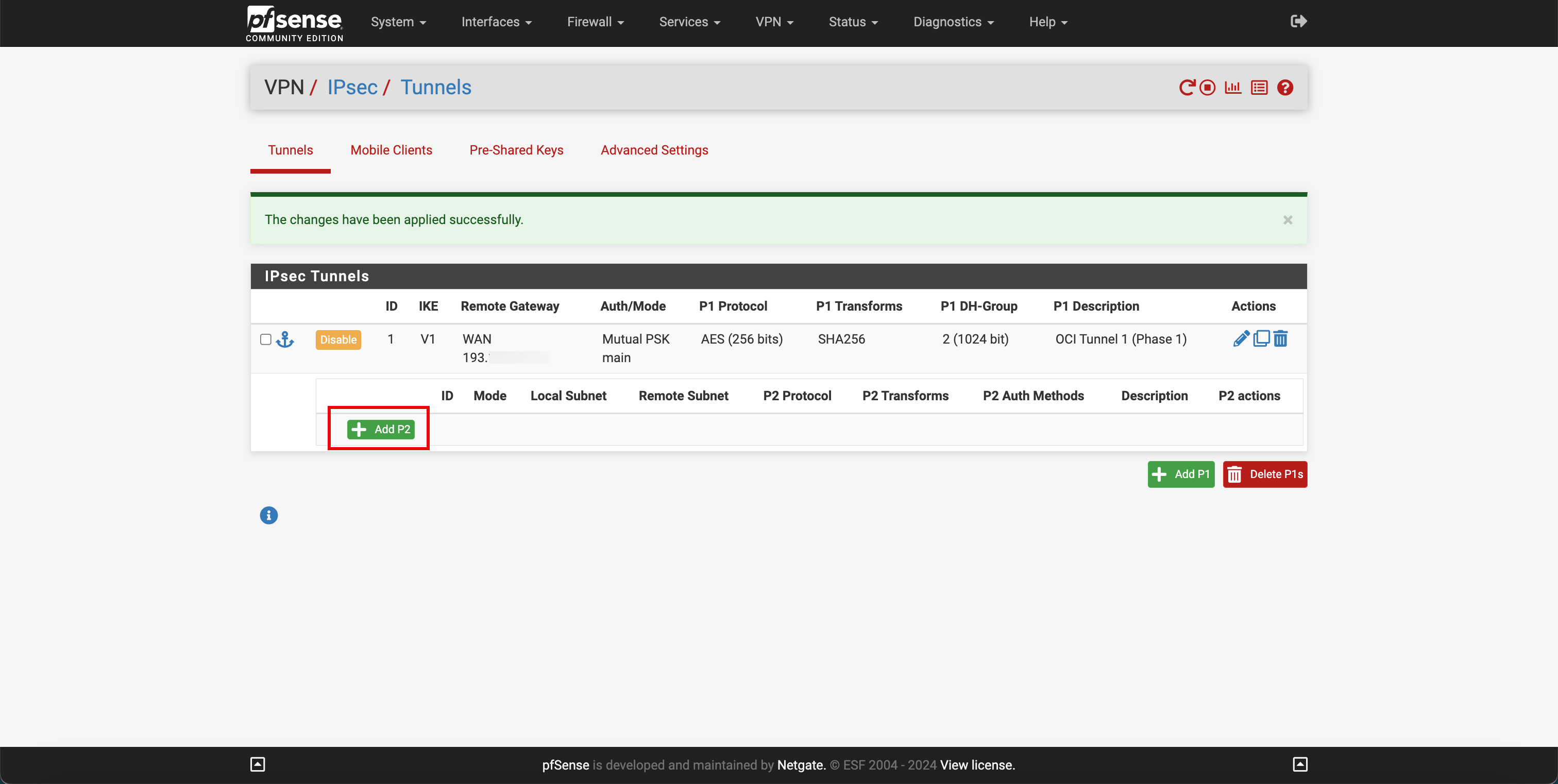

- 변경 사항이 성공적으로 적용된 것을 확인할 수 있습니다.

- 단계 2 항목 표시를 누릅니다.

작업 5.2: IPSec 터널 만들기(단계 2 IPSec)

-

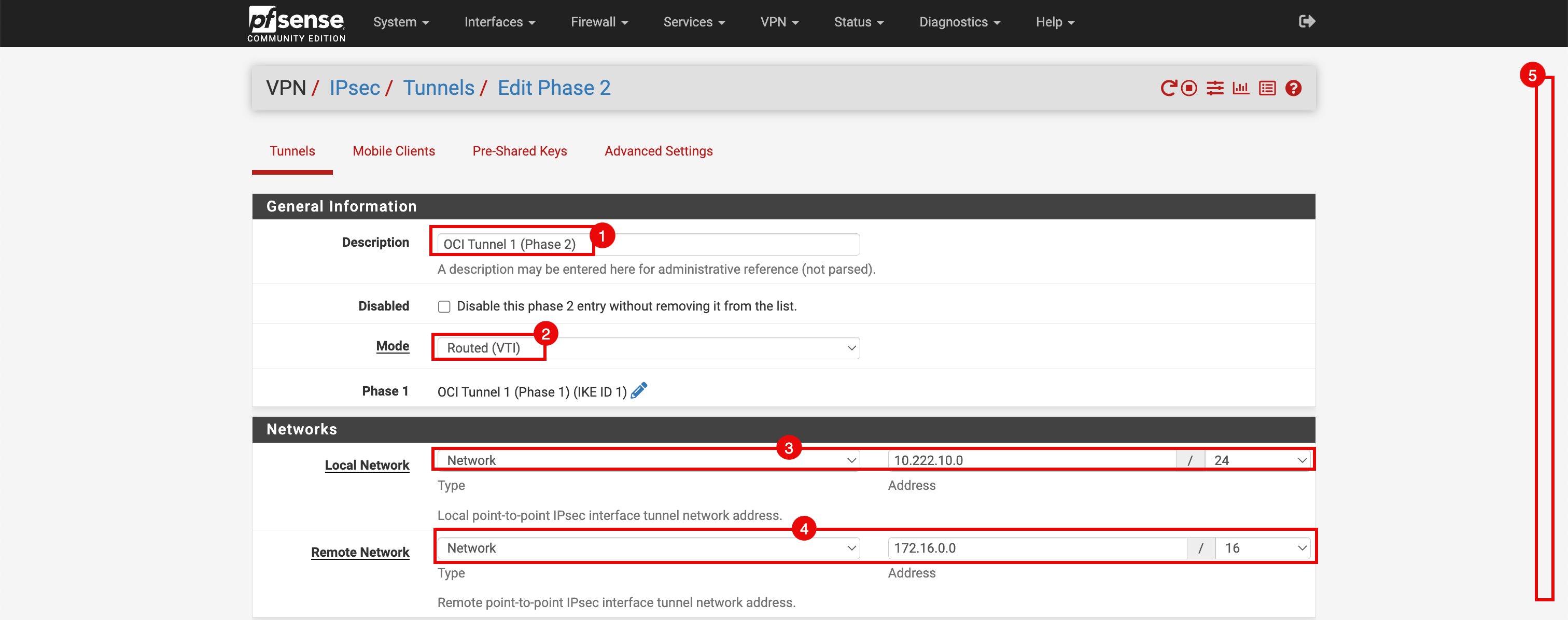

+ P2 추가를 누릅니다.

- 설명을 입력합니다.

- 모드에서 경로 지정됨(VTI)을 선택합니다.

- 로컬(온-프레미스) 네트워크를 선택합니다.

- 원격(OCI) 네트워크를 선택합니다.

- 아래로.

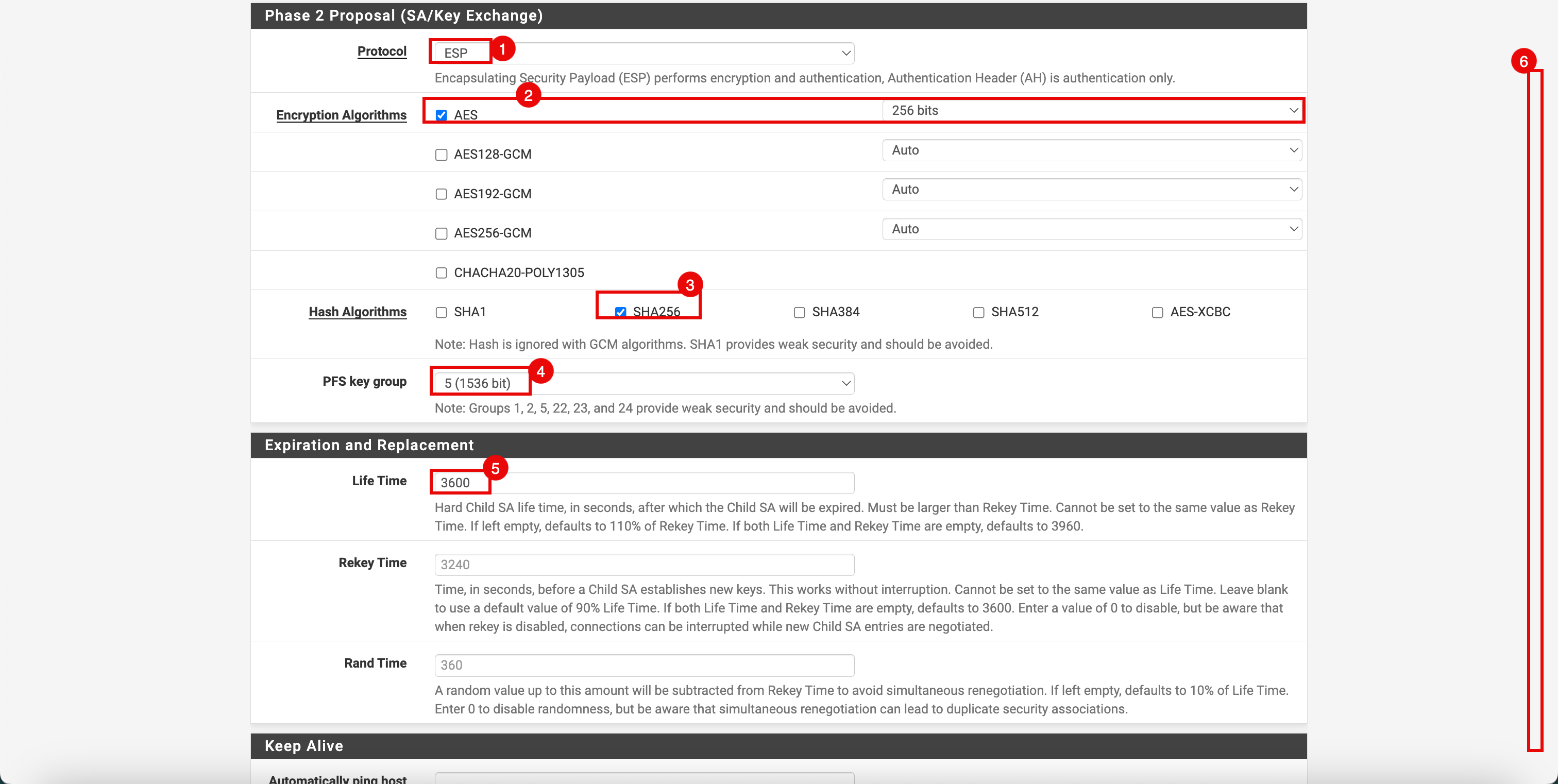

- 프로토콜에서 ESP를 선택합니다.

- 암호화 알고리즘에서 AES 256 비트를 선택합니다.

- 해시 알고리즘에서 SHA256을 선택합니다.

- PFS 키 그룹에서 5 (1536비트)를 선택합니다.

- 수명 시간에 3600초를 입력합니다.

- 아래로.

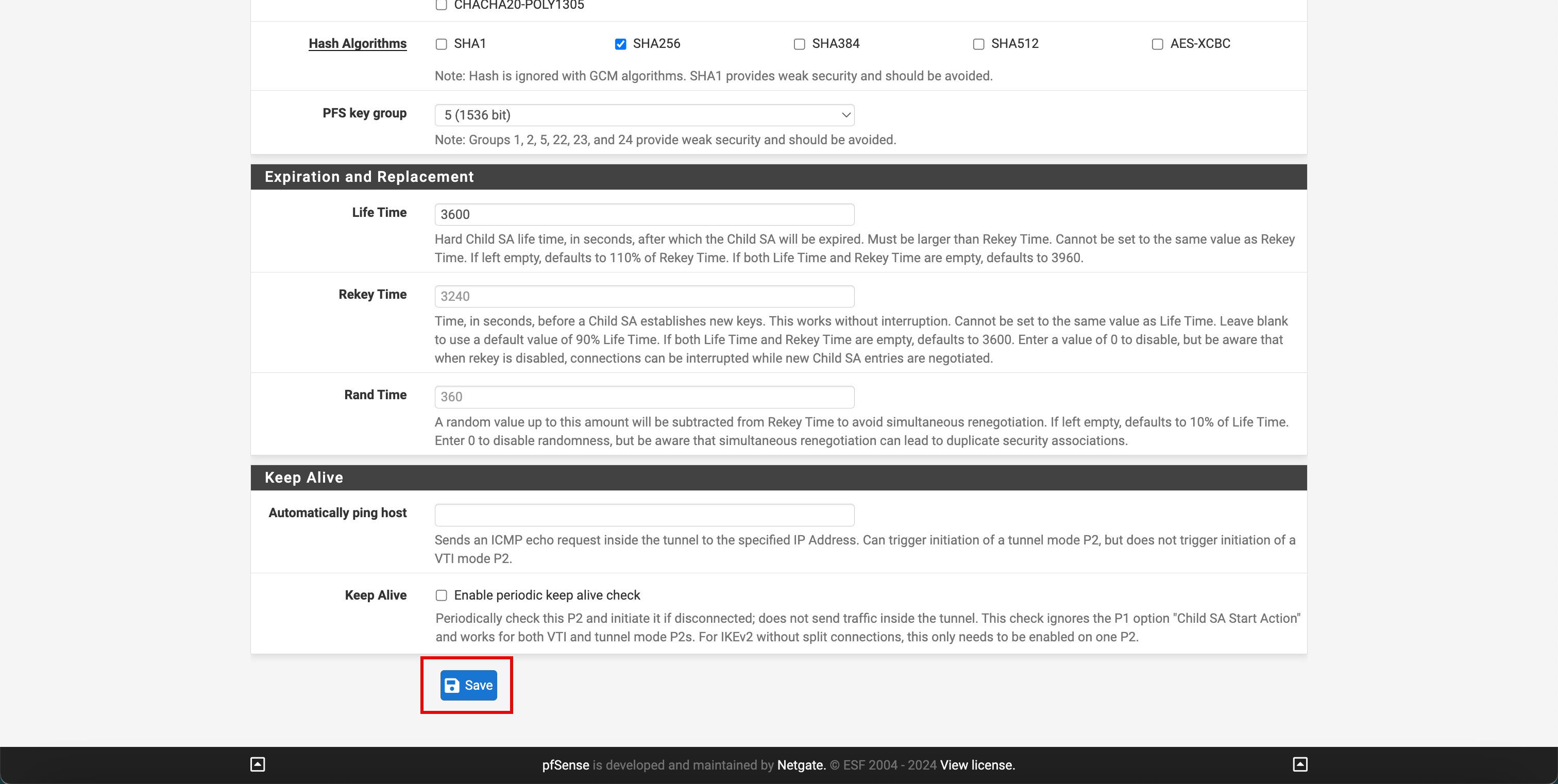

-

Save를 누릅니다.

- 1단계 IPSec 구성이 구성되었습니다.

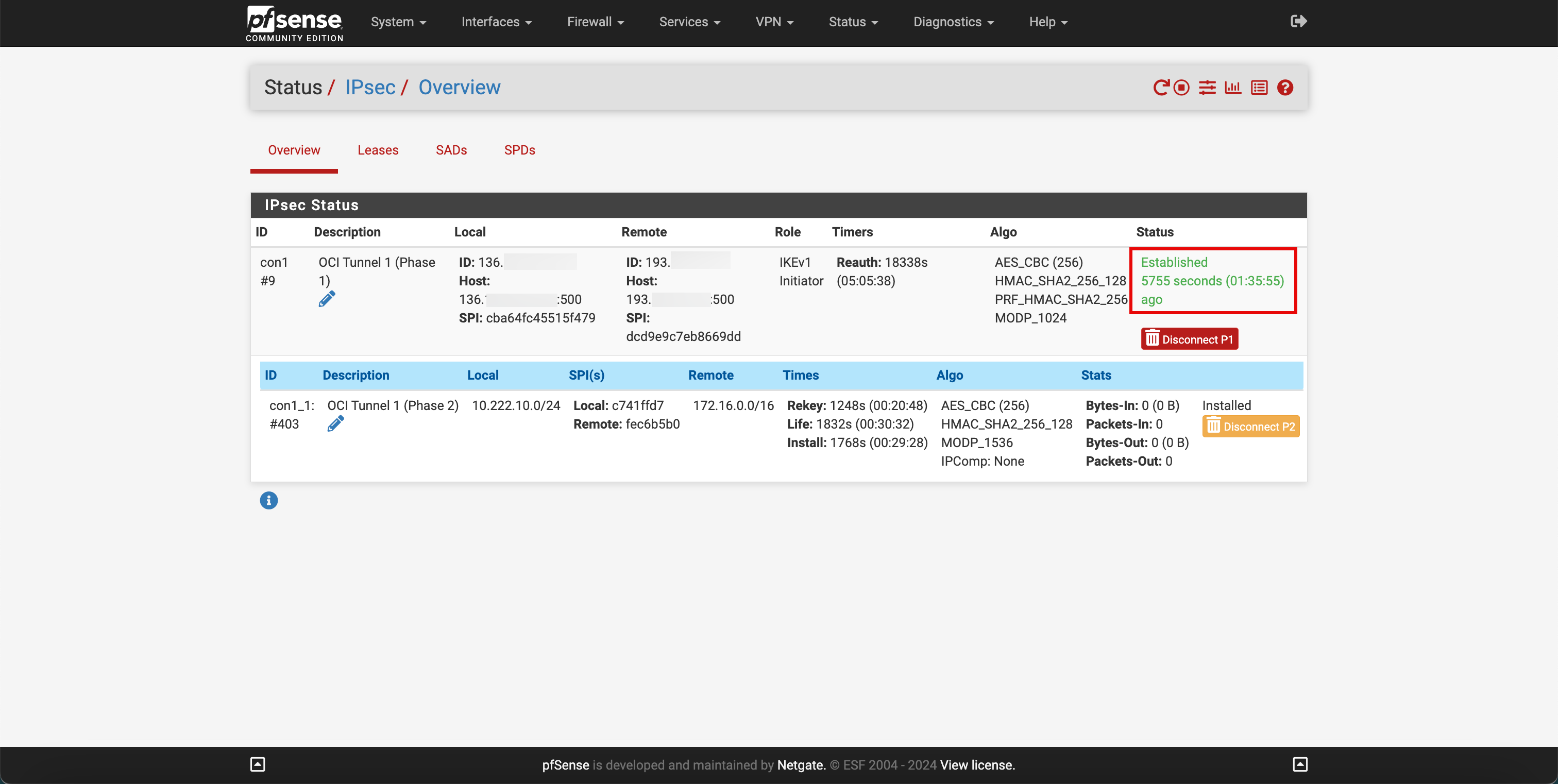

- 통계를 누릅니다.

-

상태가 Established입니다.

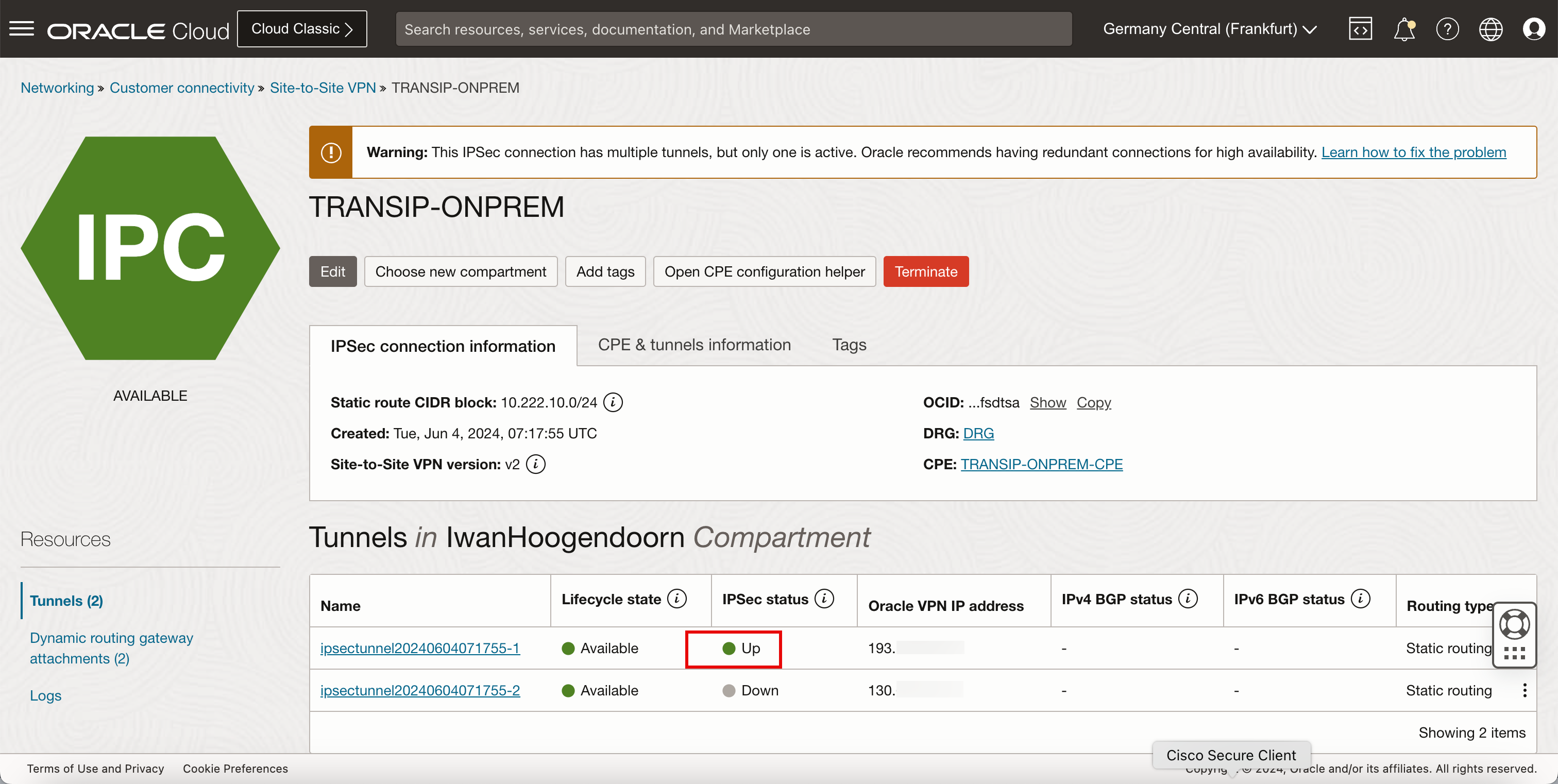

-

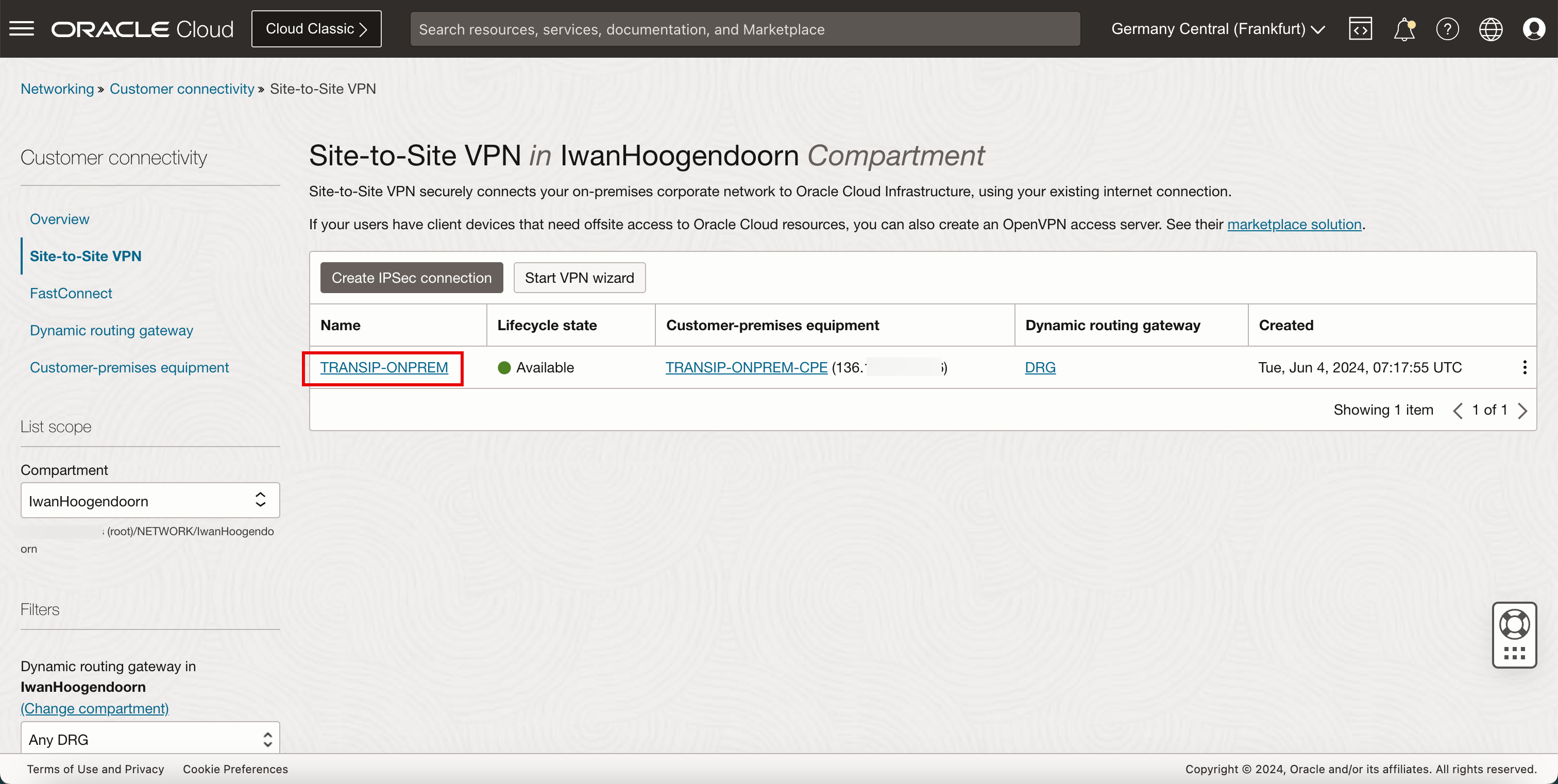

OCI 측의 터널 상태를 확인해 보겠습니다. OCI 콘솔로 이동하여 네트워킹, 고객 연결, 사이트 간 VPN으로 이동하고 VPN을 누릅니다. 첫번째 터널의 IPSec 상태는 Up입니다.

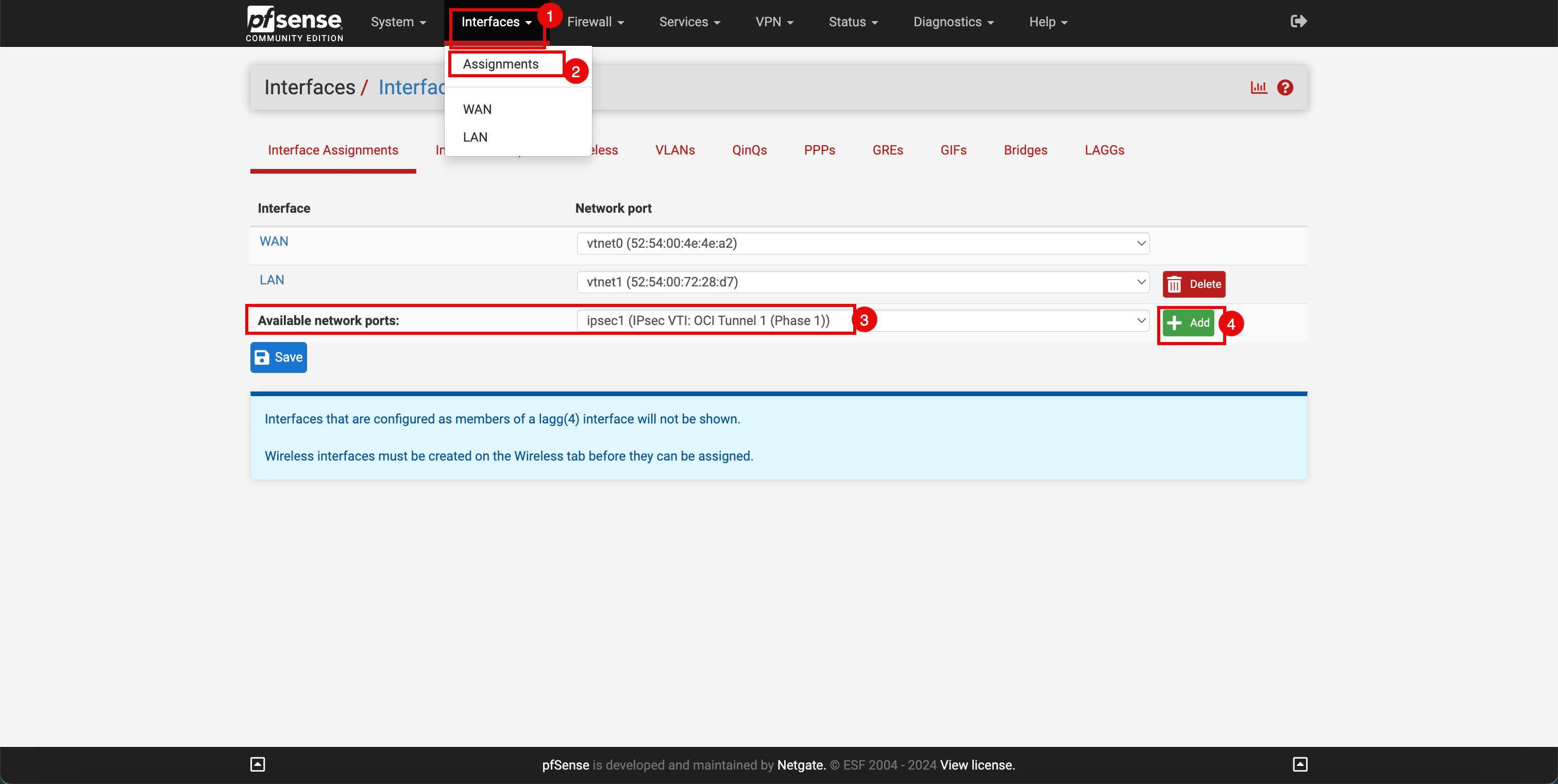

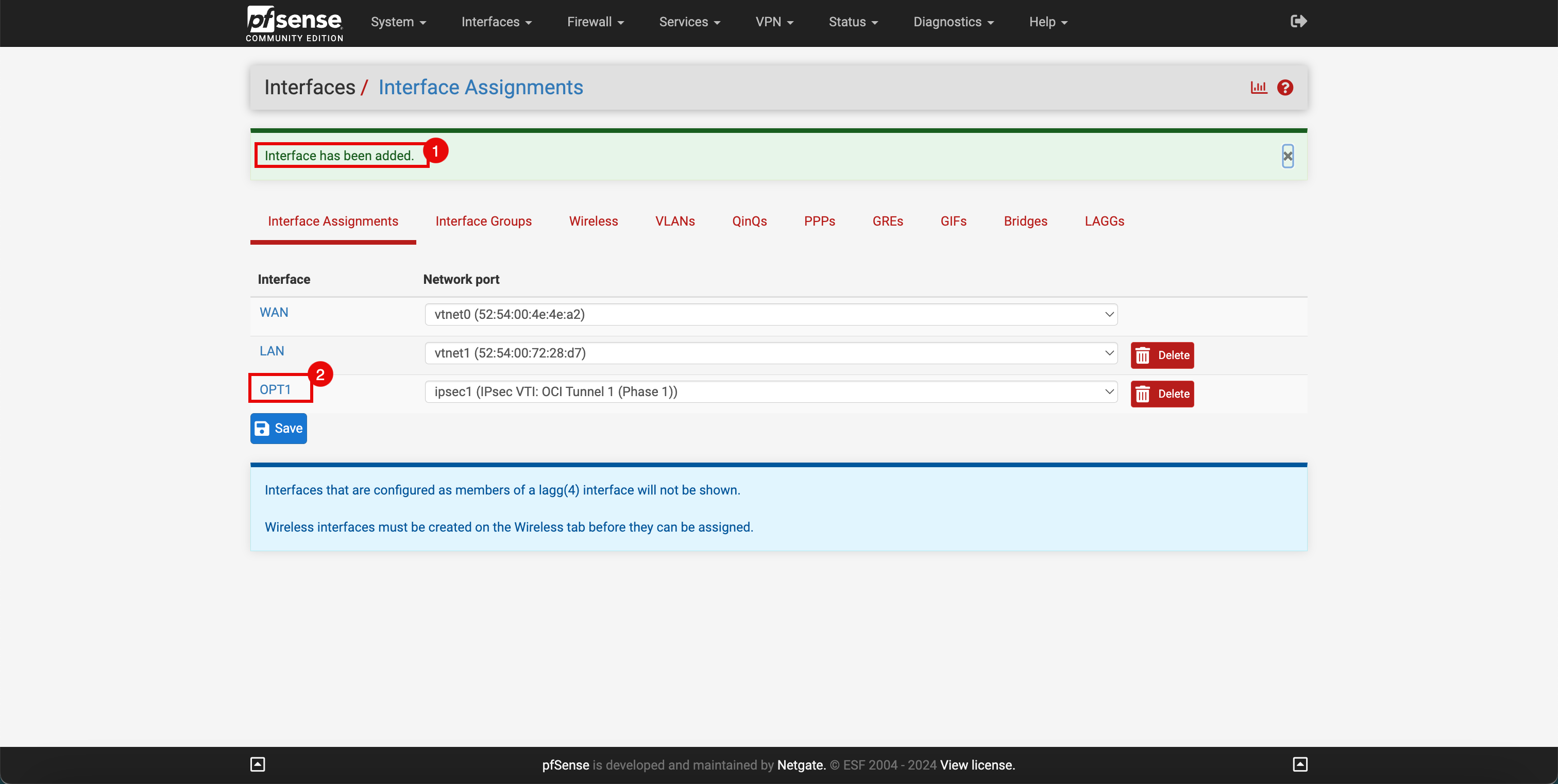

작업 5.3: 터널 인터페이스 사용

-

온프레미스 측면에서 터널 인터페이스를 활성화해야 합니다. pfSense 포털로 이동합니다.

- 인터페이스 드롭다운 메뉴를 누릅니다.

- 지정을 누릅니다.

- 새 VTI 인터페이스를 사용할 수 있습니다.

- + 추가를 눌러 인터페이스를 추가합니다.

- 인터페이스가 추가되었음을 알 수 있습니다.

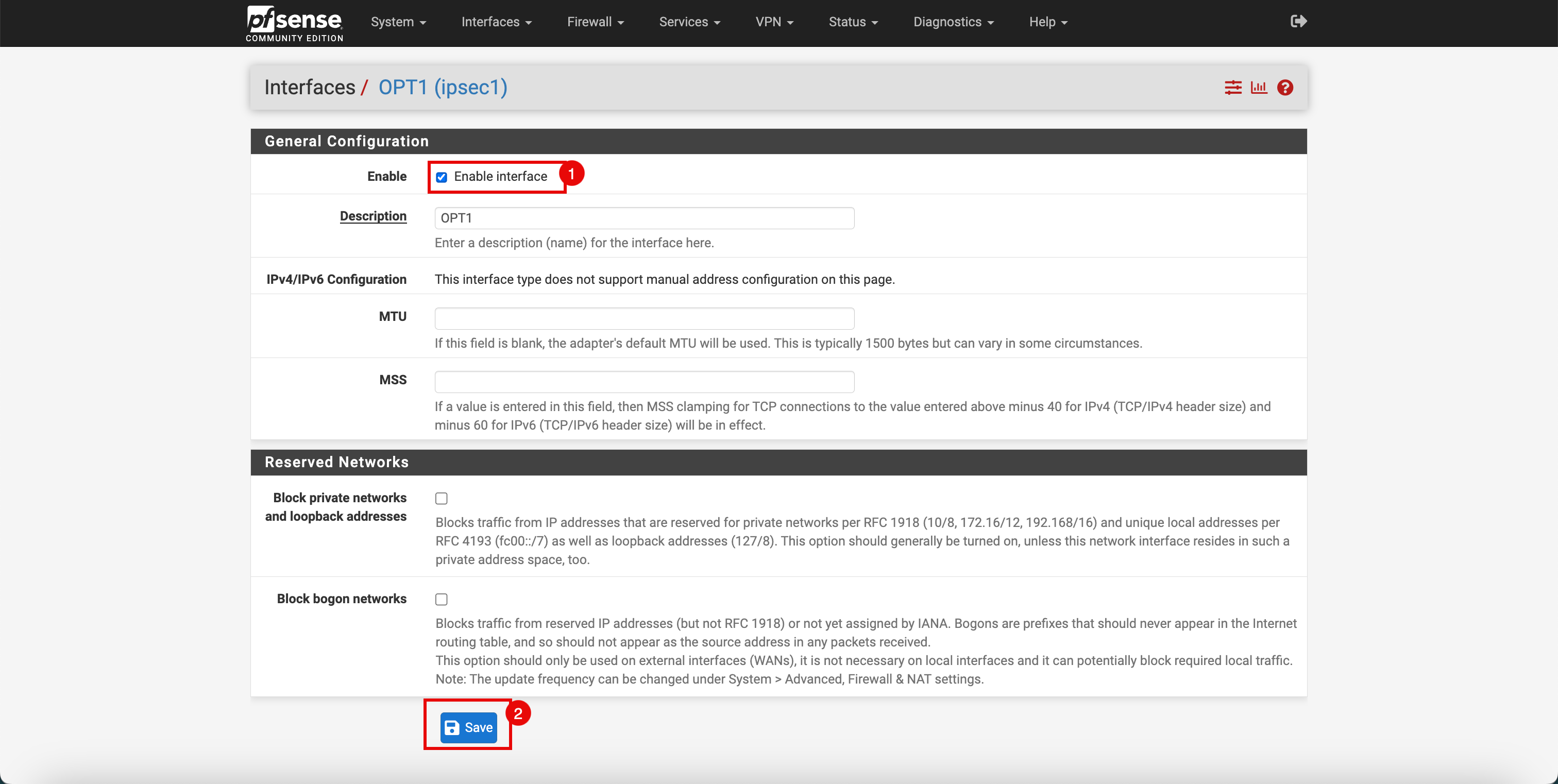

- 추가된 터널 인터페이스(

OPT1)를 누릅니다.

- Enable interface(인터페이스 사용)를 선택하여 인터페이스를 사용으로 설정합니다.

- Save를 누릅니다.

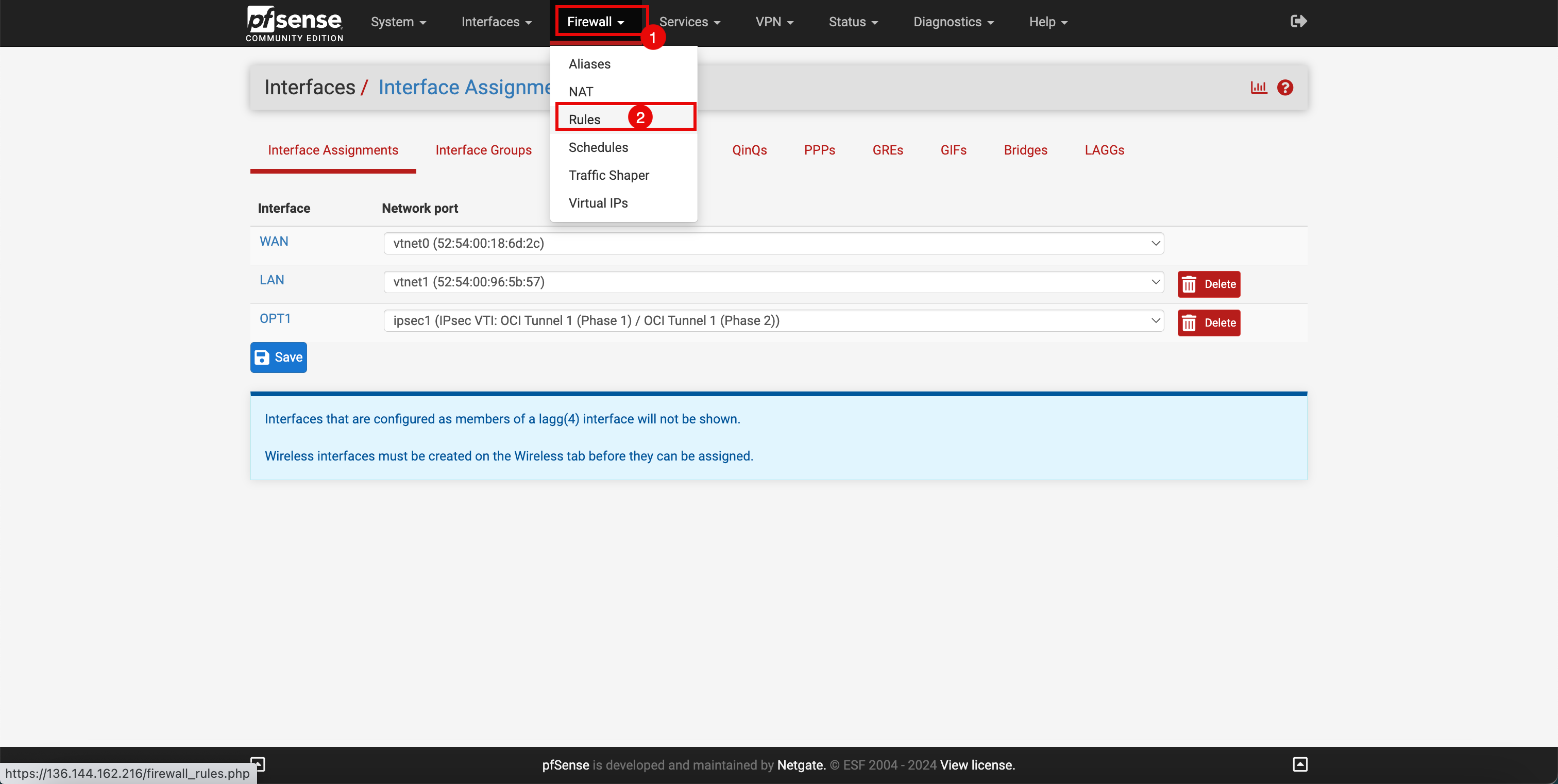

작업 5.4: IPSec에 대한 방화벽 규칙 열기

-

IPSec 트래픽이 터널을 통과하도록 허용하려면 몇 가지 방화벽 규칙을 추가해야 합니다.

- 방화벽 드롭다운 메뉴를 누릅니다.

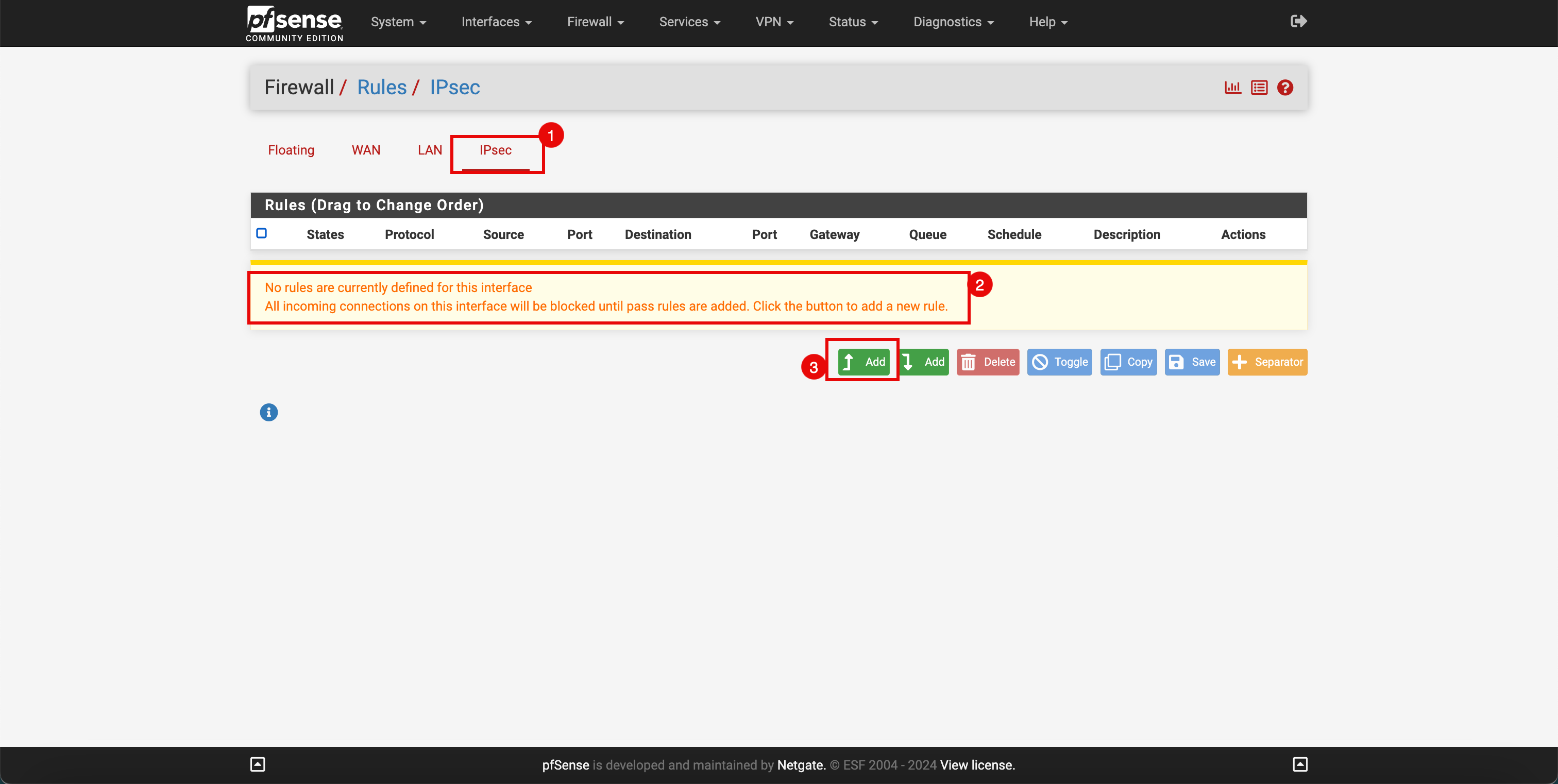

- 규칙을 누릅니다.

- IPSec을 누릅니다.

- IPSec와 관련된 방화벽 규칙은 없습니다.

- 추가를 누릅니다.

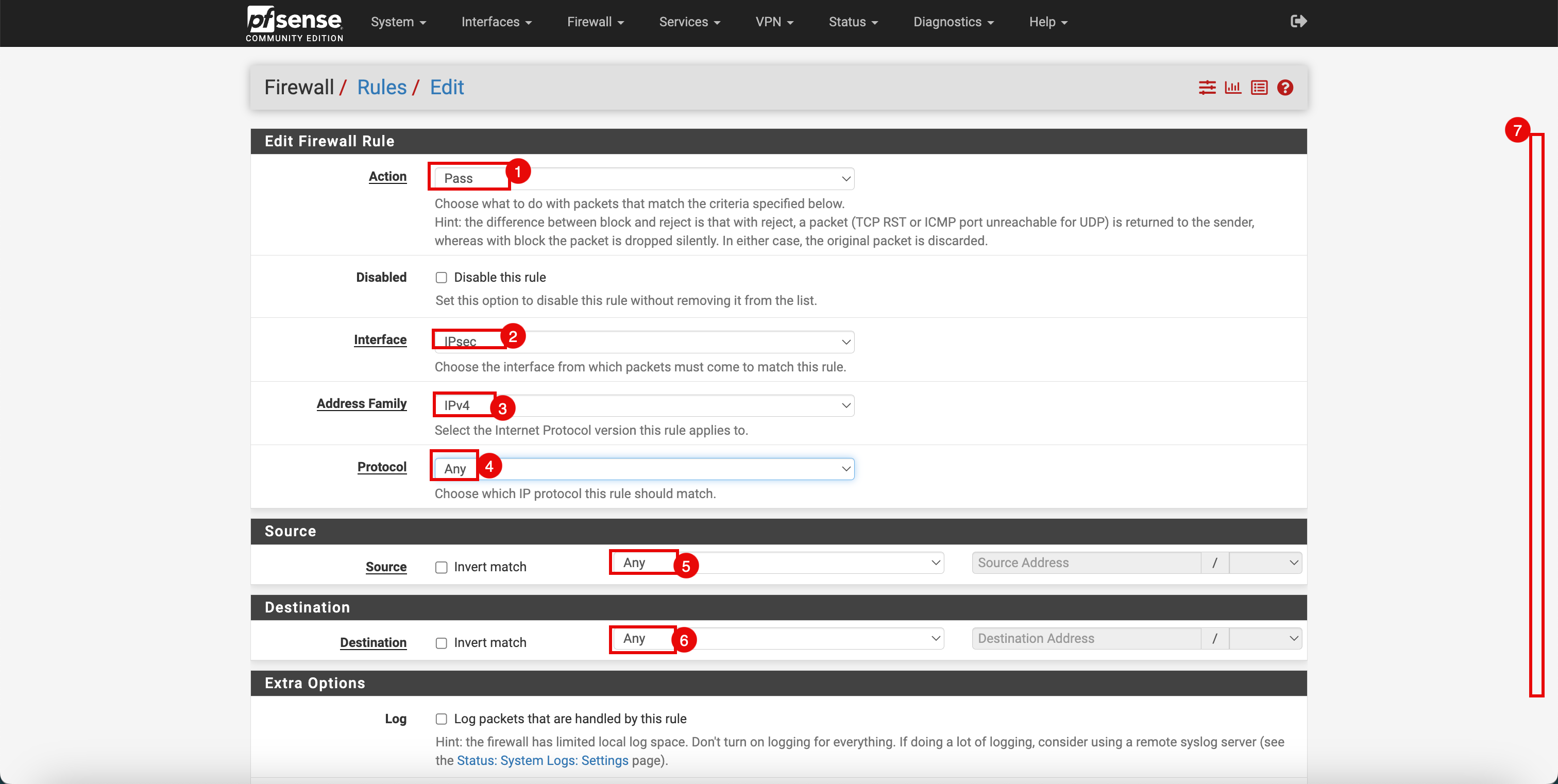

-

다음 정보를 입력하십시오.

- 조치: 통과를 선택합니다.

- 인터페이스: IPSec를 선택합니다.

- 주소 모음: IPv4를 선택합니다.

- 프로토콜: 임의를 선택합니다.

- 소스: 임의를 선택합니다.

- 대상: 임의를 선택합니다.

- 아래로.

-

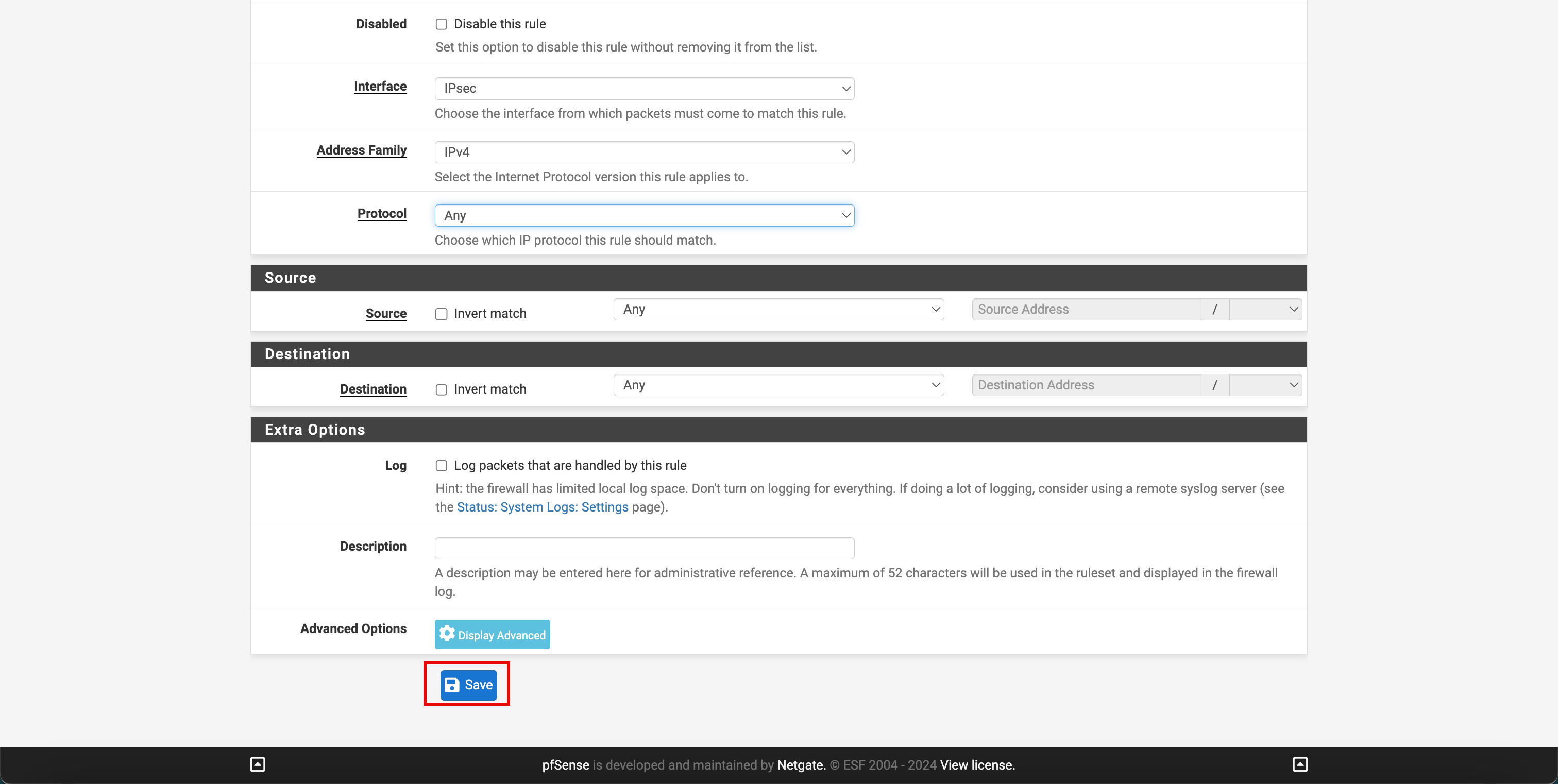

Save를 누릅니다.

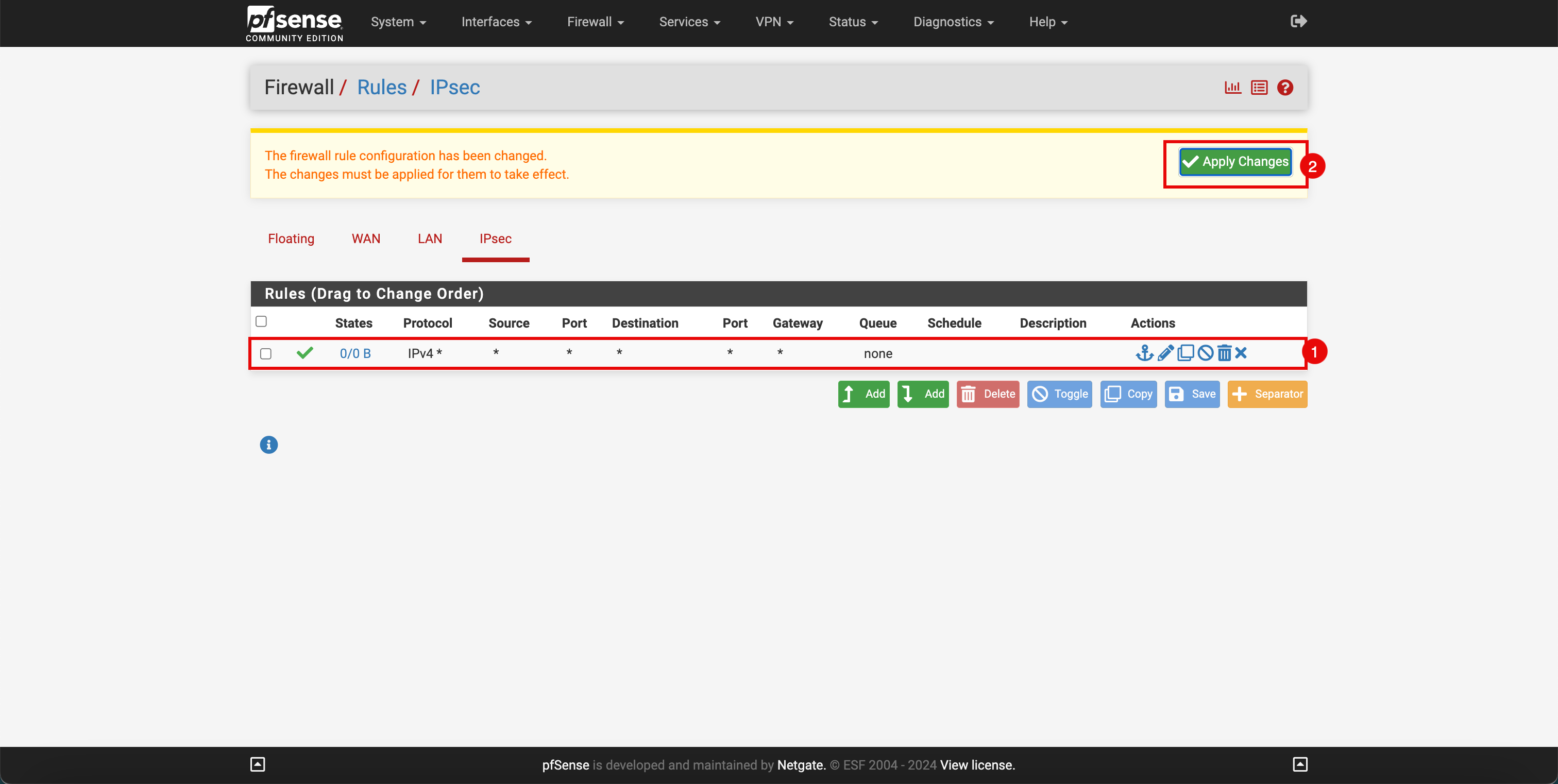

- 새 규칙이 적용되었음을 알 수 있습니다.

- 변경 사항 적용을 눌러 변경 사항을 커밋합니다.

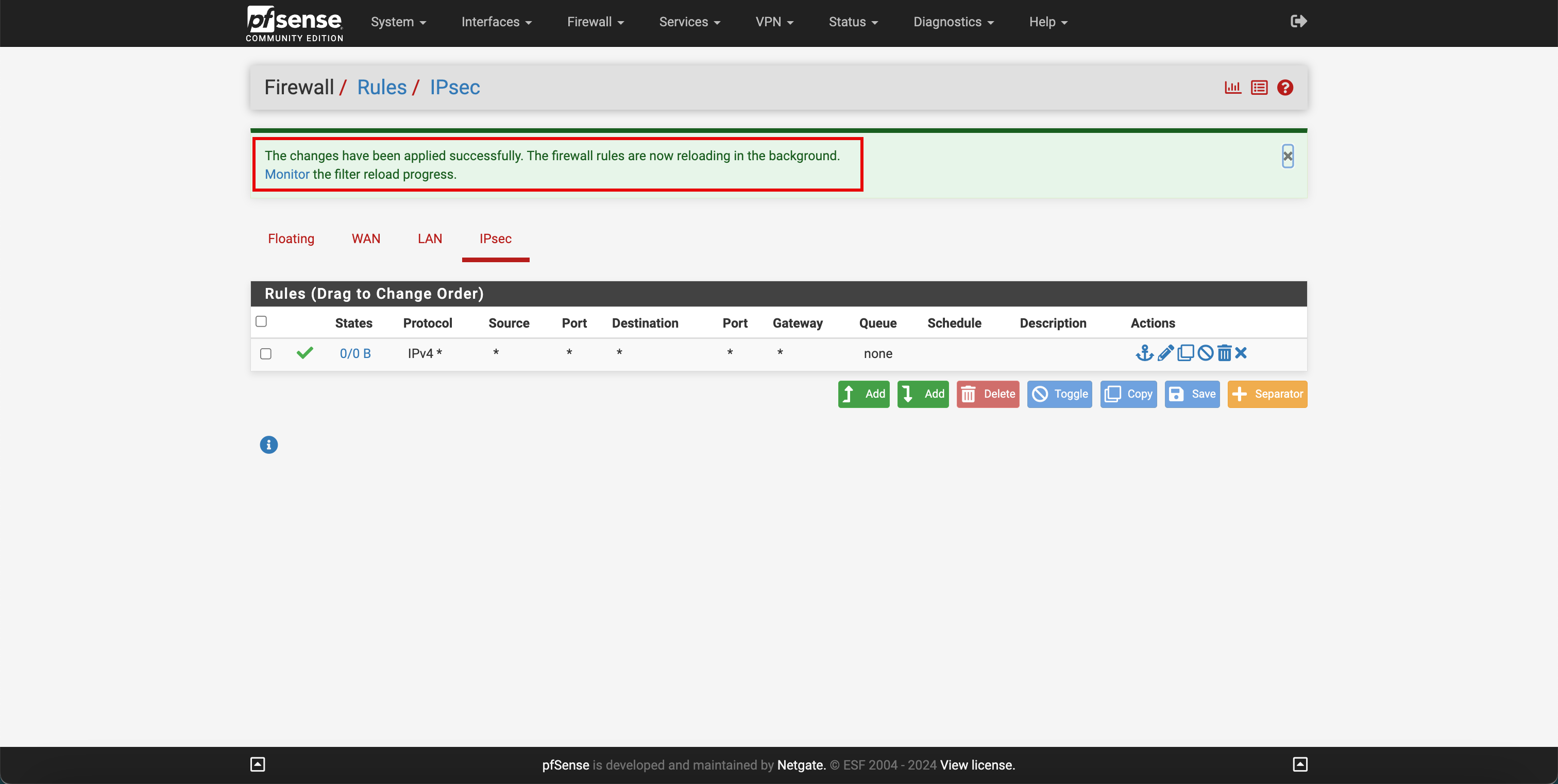

-

변경 사항이 성공적으로 적용되었음을 알 수 있습니다.

작업 5.5: IPSec 경로 지정 구성

이 작업에서는 pfSense 방화벽이 IPSec 터널 및 OPT1 인터페이스를 통해 OCI 네트워크에 연결하는 방법을 알 수 있도록 경로 지정을 구성합니다.

-

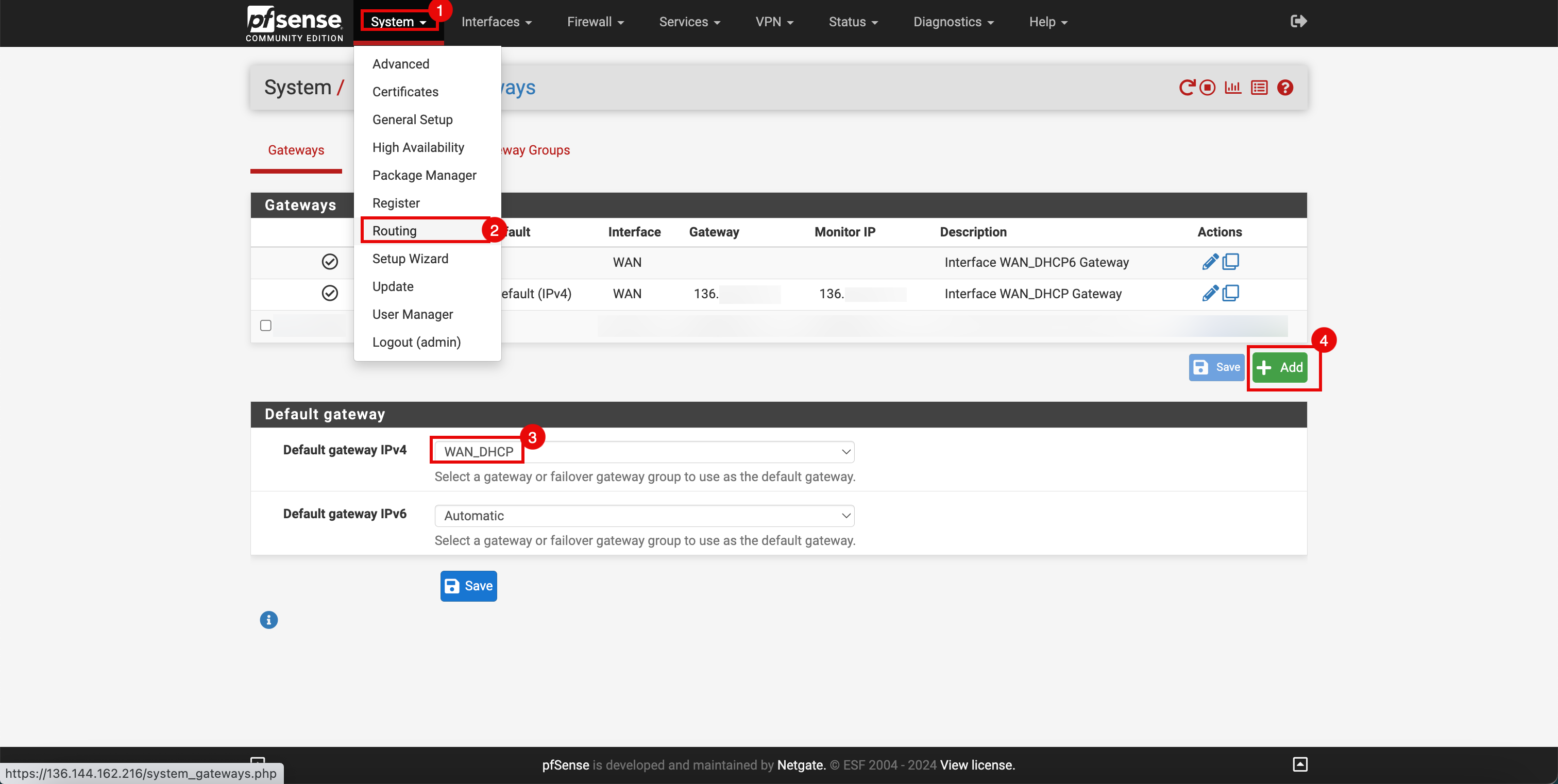

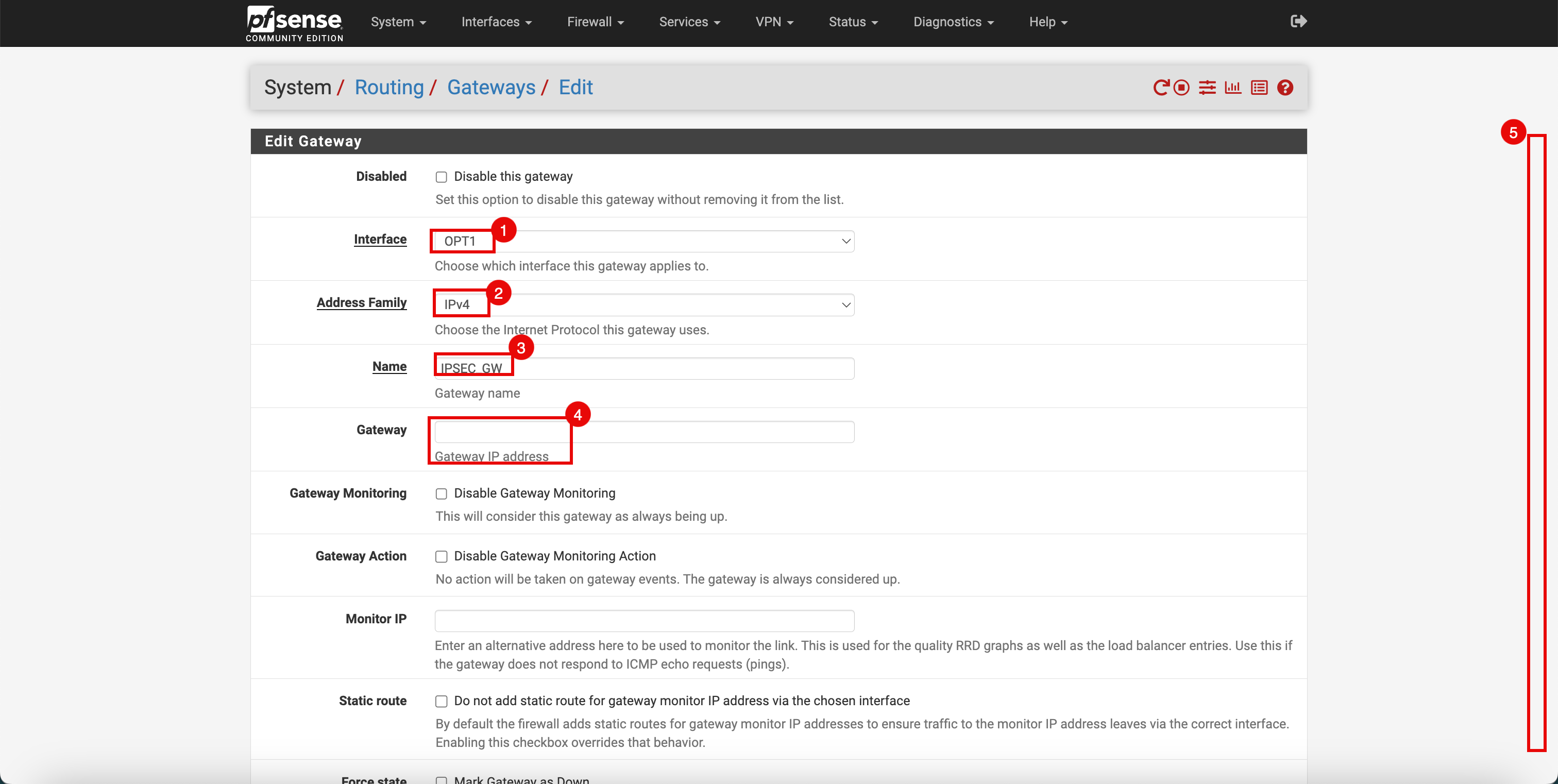

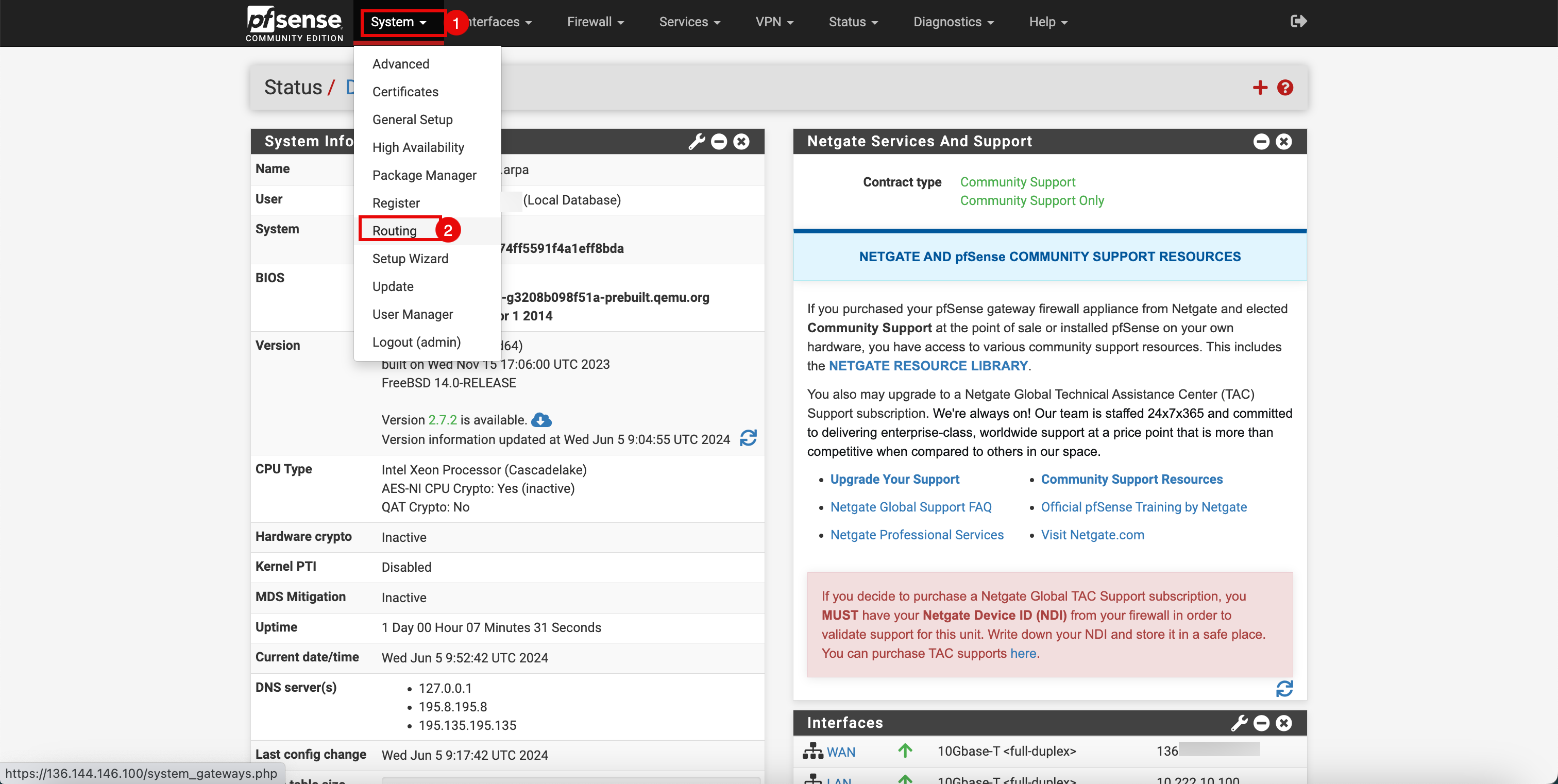

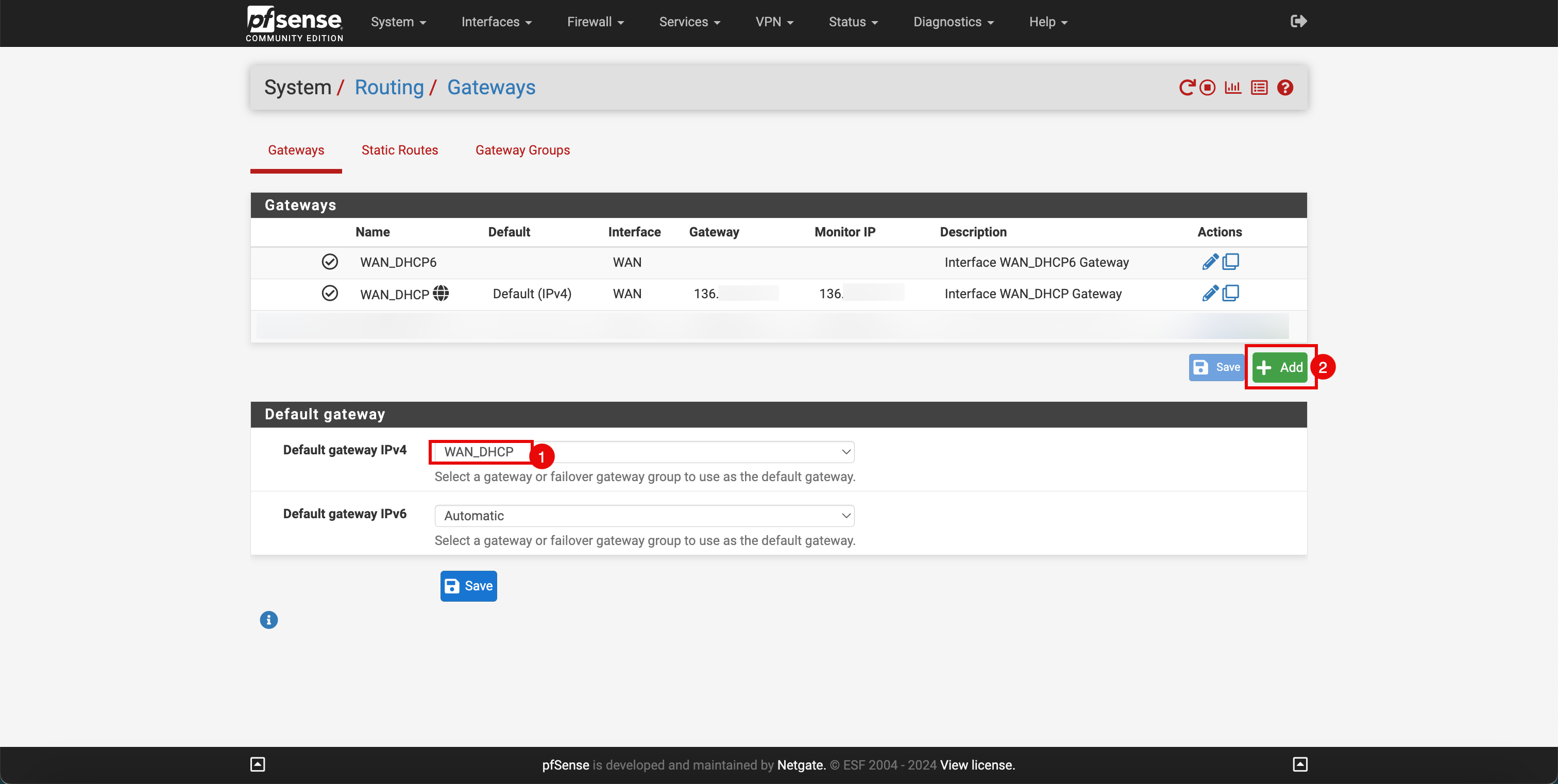

pfSense 포털로 이동합니다.

- System(시스템) 드롭다운 메뉴를 누릅니다.

- 경로 지정을 누릅니다.

- 기본 게이트웨이 IPv4에서

WAN_DHCP또는 첫번째 우선순위로 사용할 기본 게이트웨이를 선택합니다. - + 추가를 눌러 새 게이트웨이를 추가합니다.

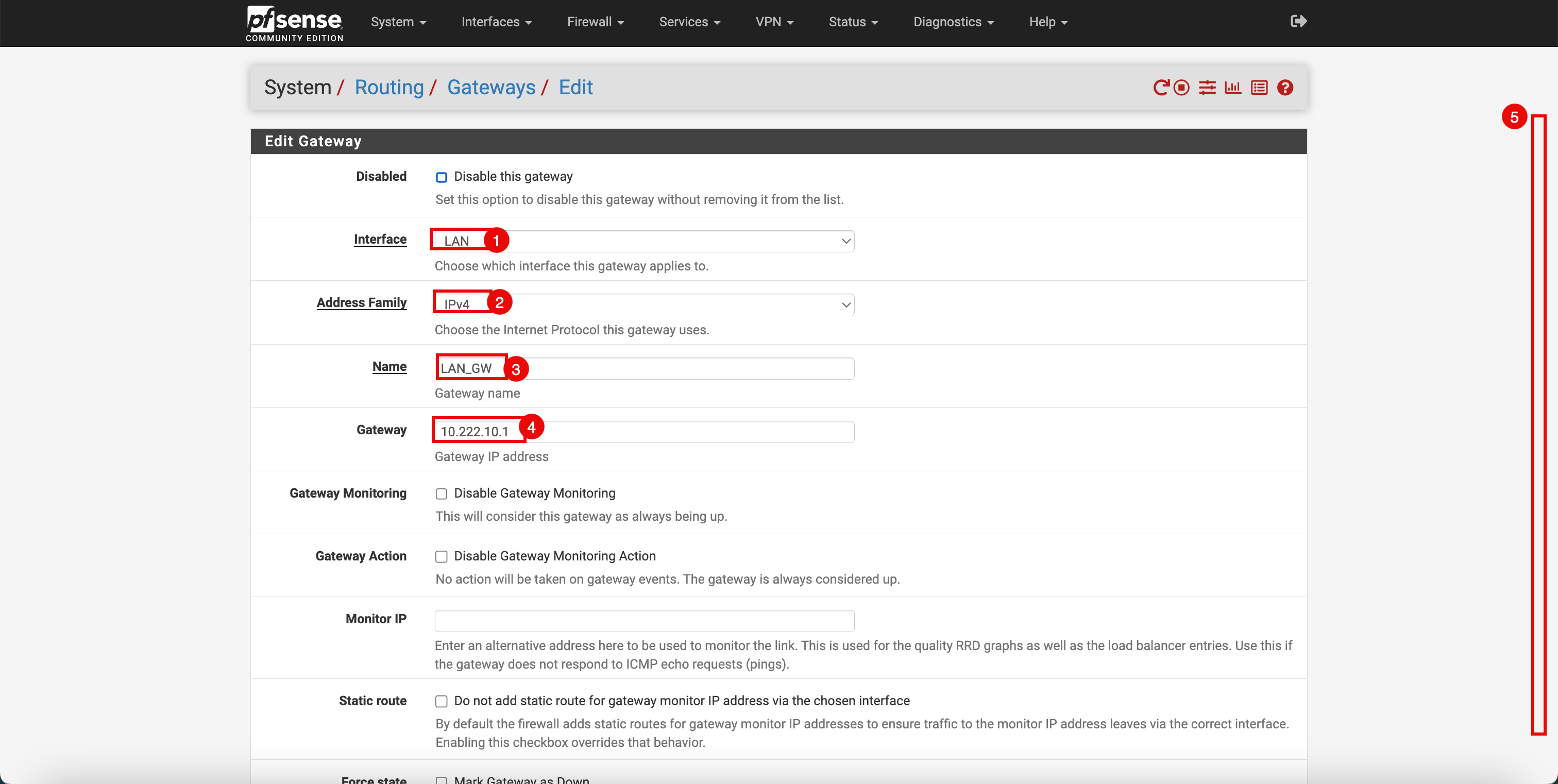

- 인터페이스에서

OPT1(터널 인터페이스)를 선택합니다. - 주소 계열에서

IPv4을 선택합니다. - 이름을 입력합니다.

- 게이트웨이에서 IP 주소를 지정하지 않고 비워 둡니다.

- 아래로.

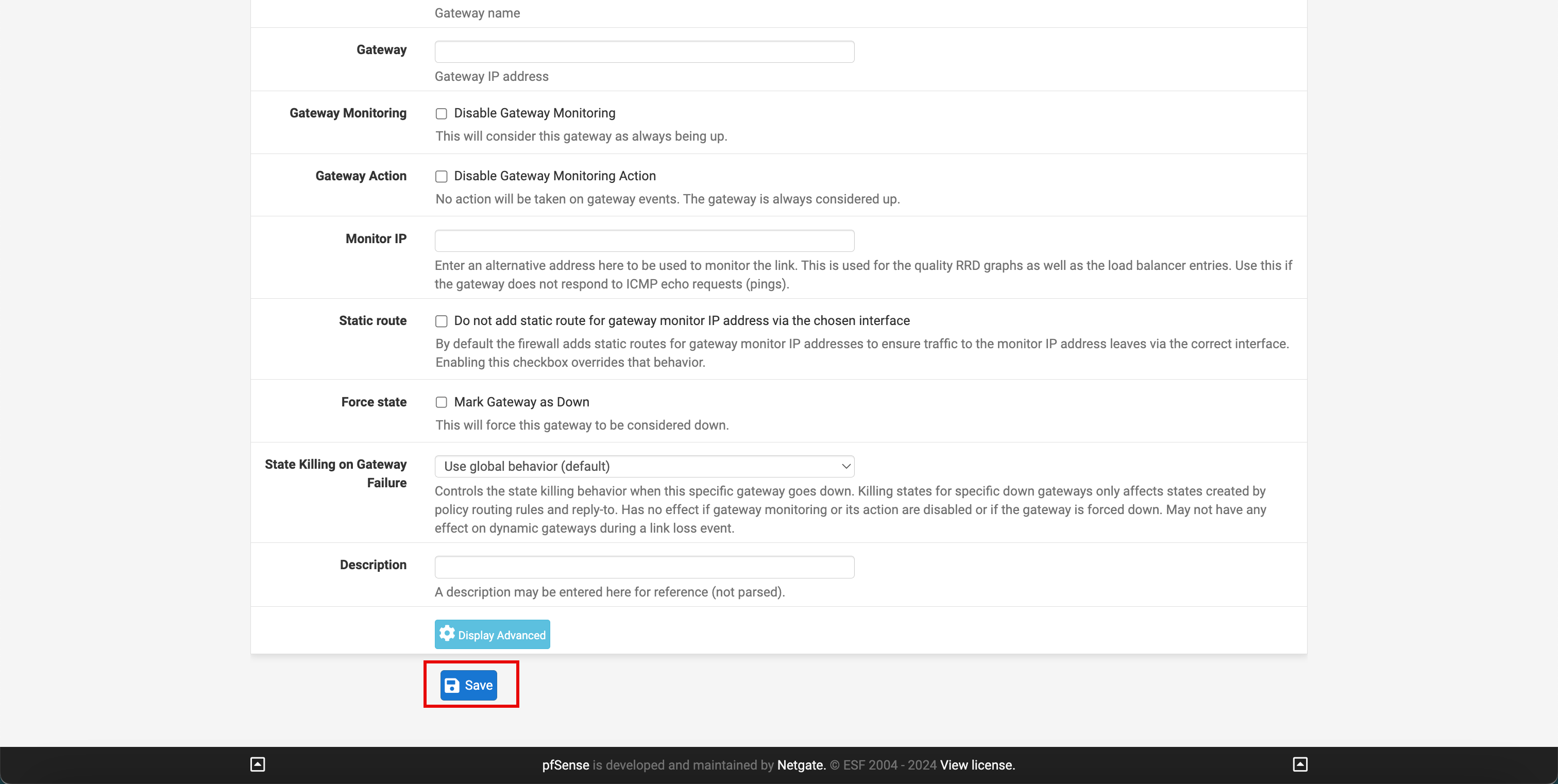

-

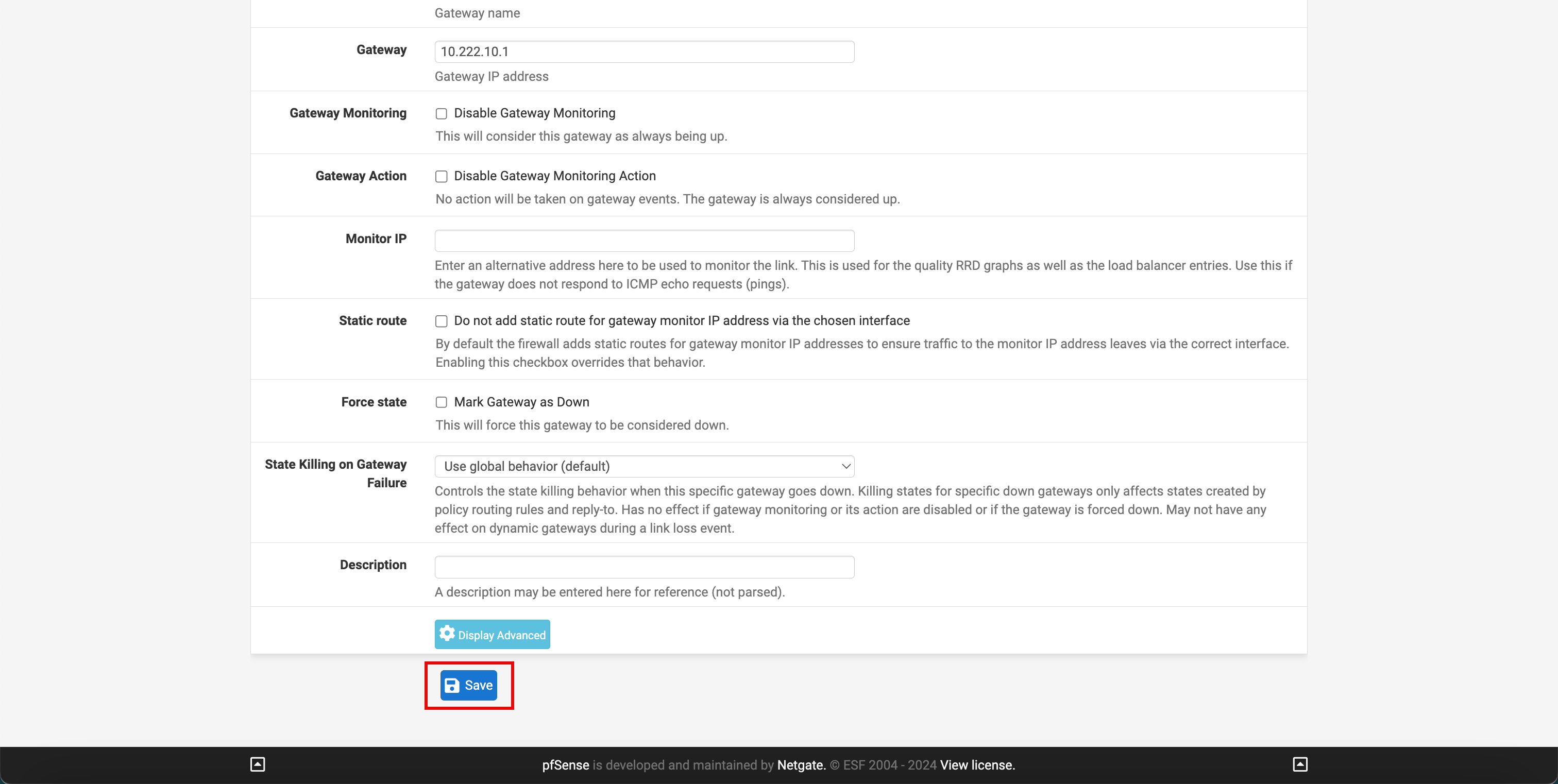

Save를 누릅니다.

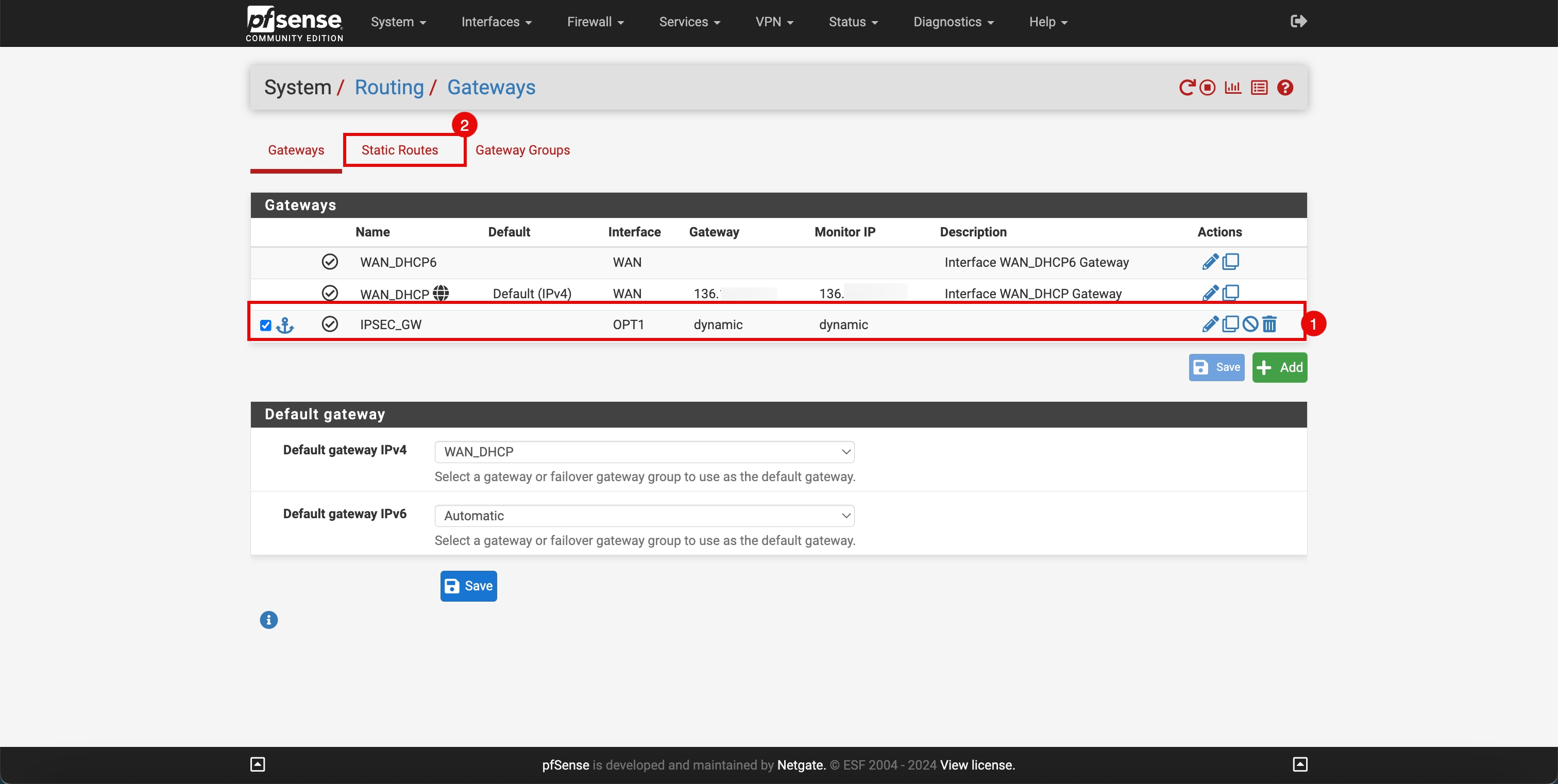

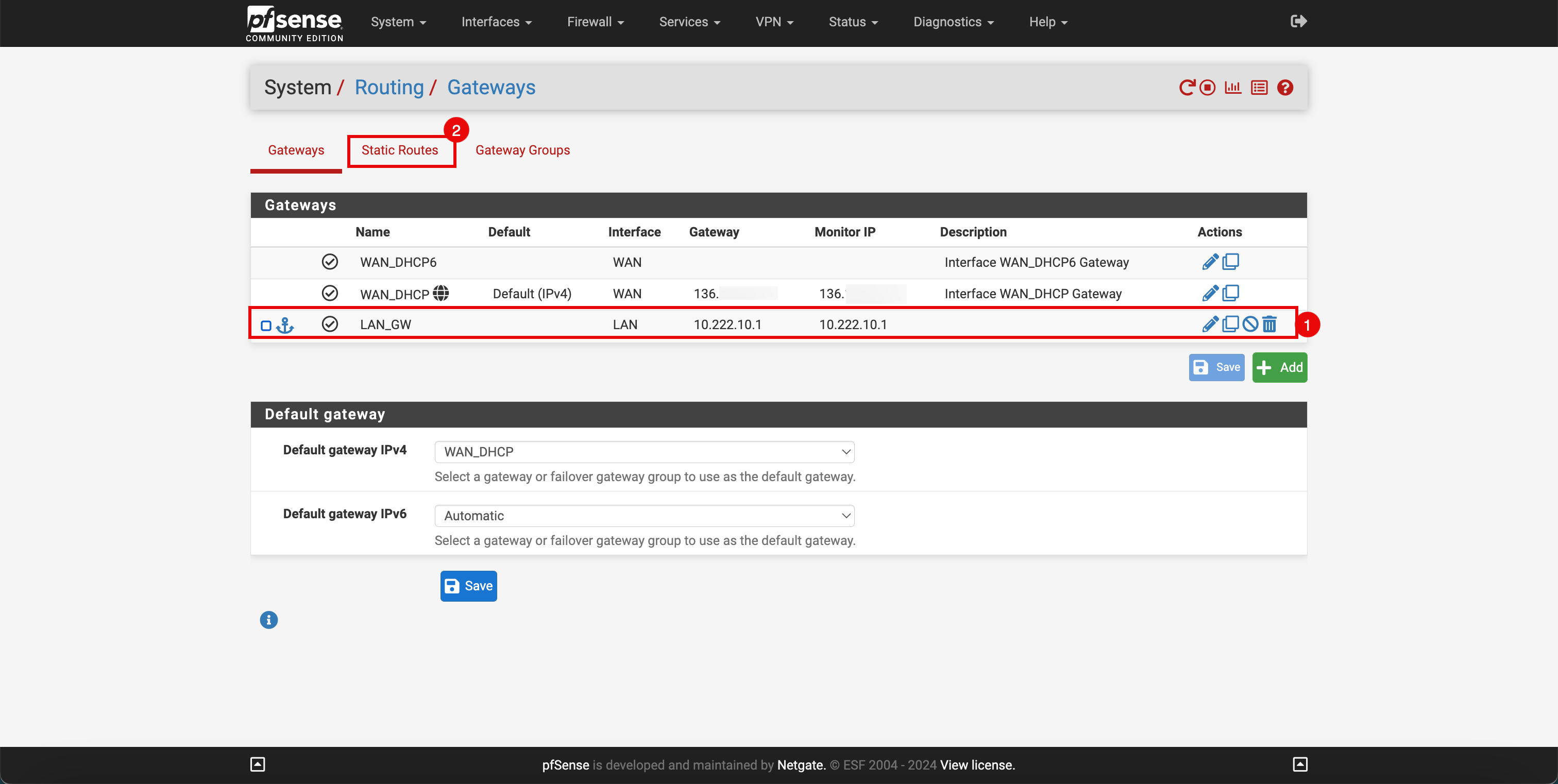

- IPSec 터널에 대한 새 게이트웨이가 추가되었습니다.

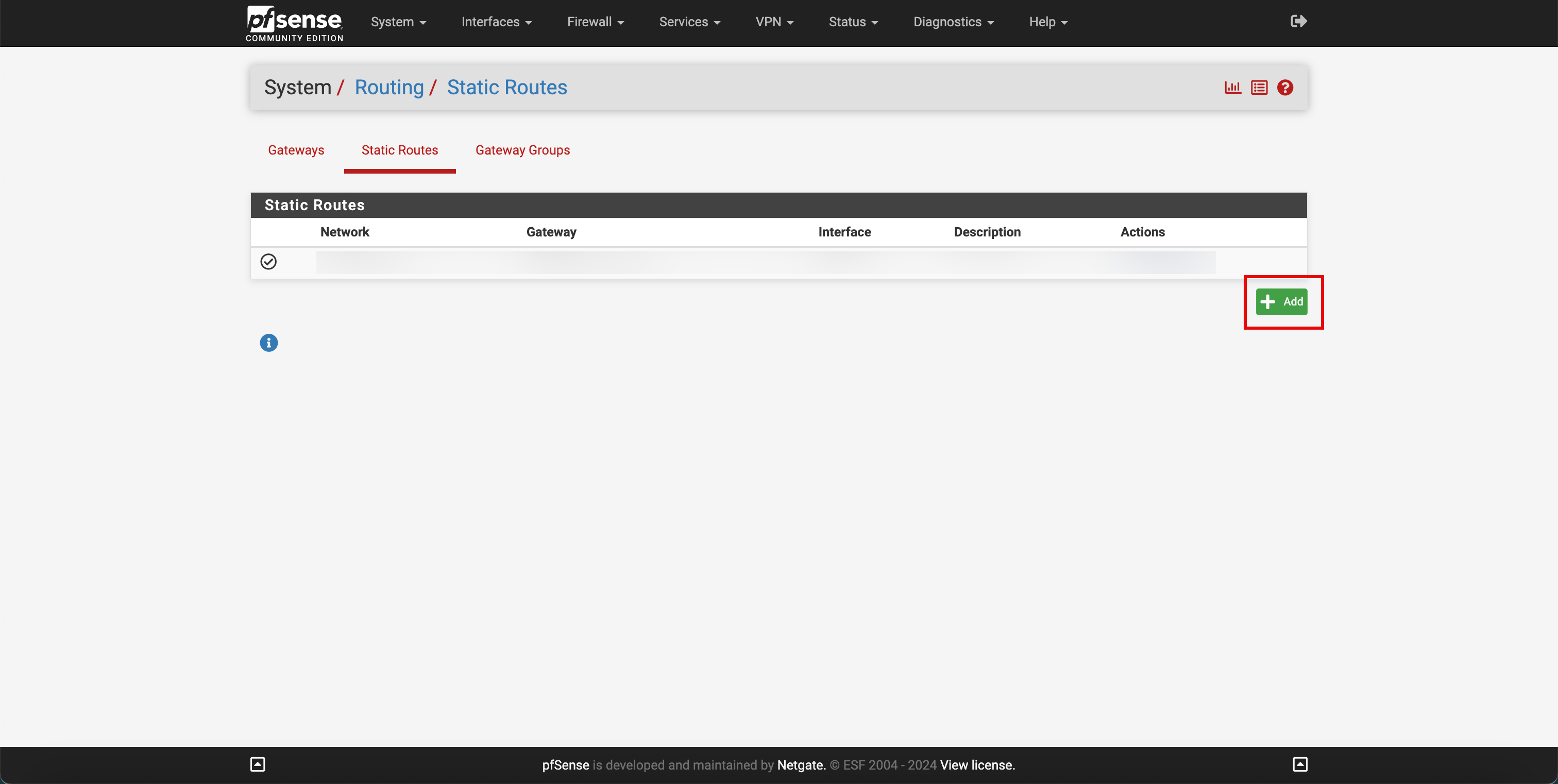

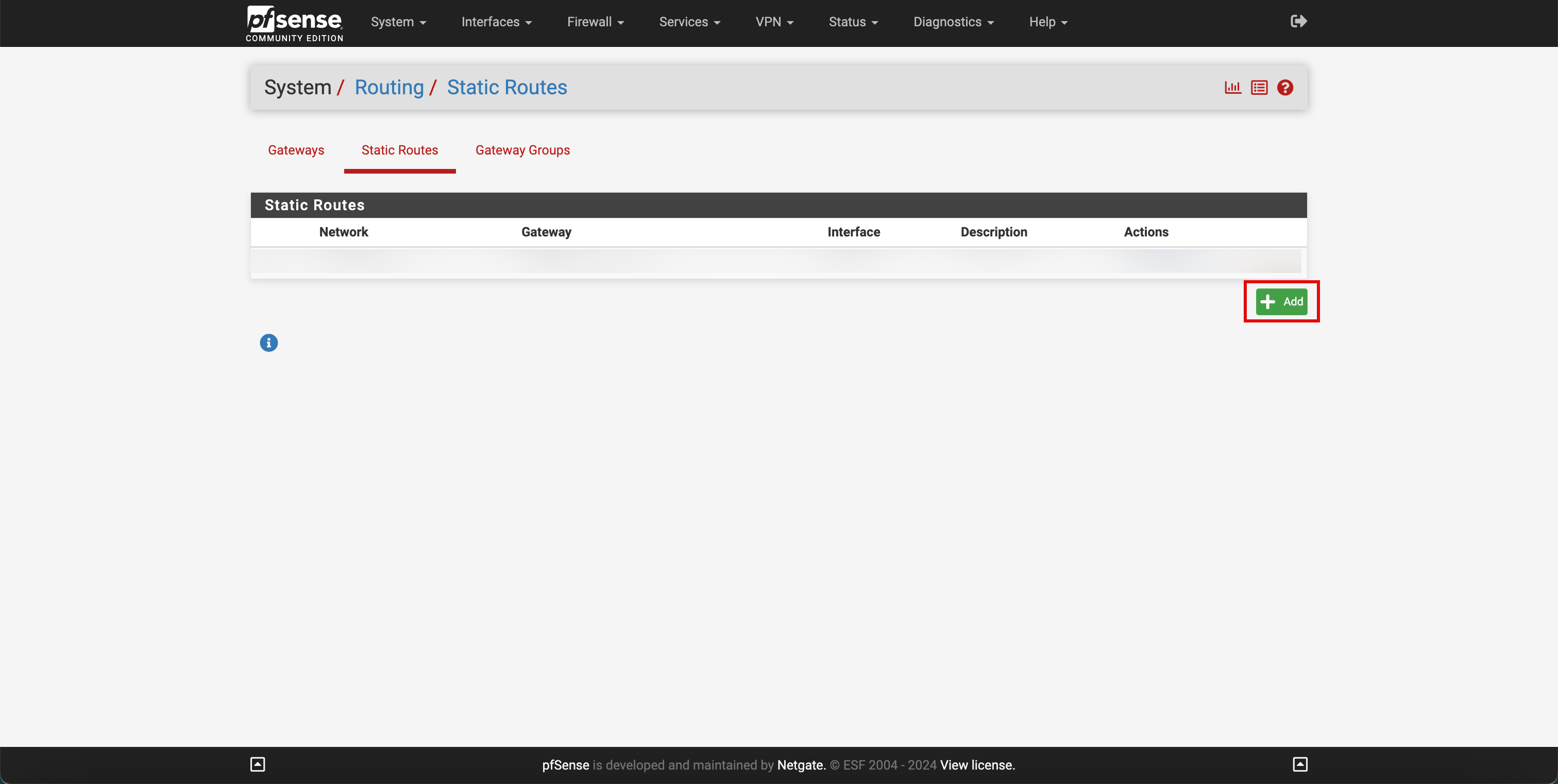

- Static Routes를 누릅니다.

-

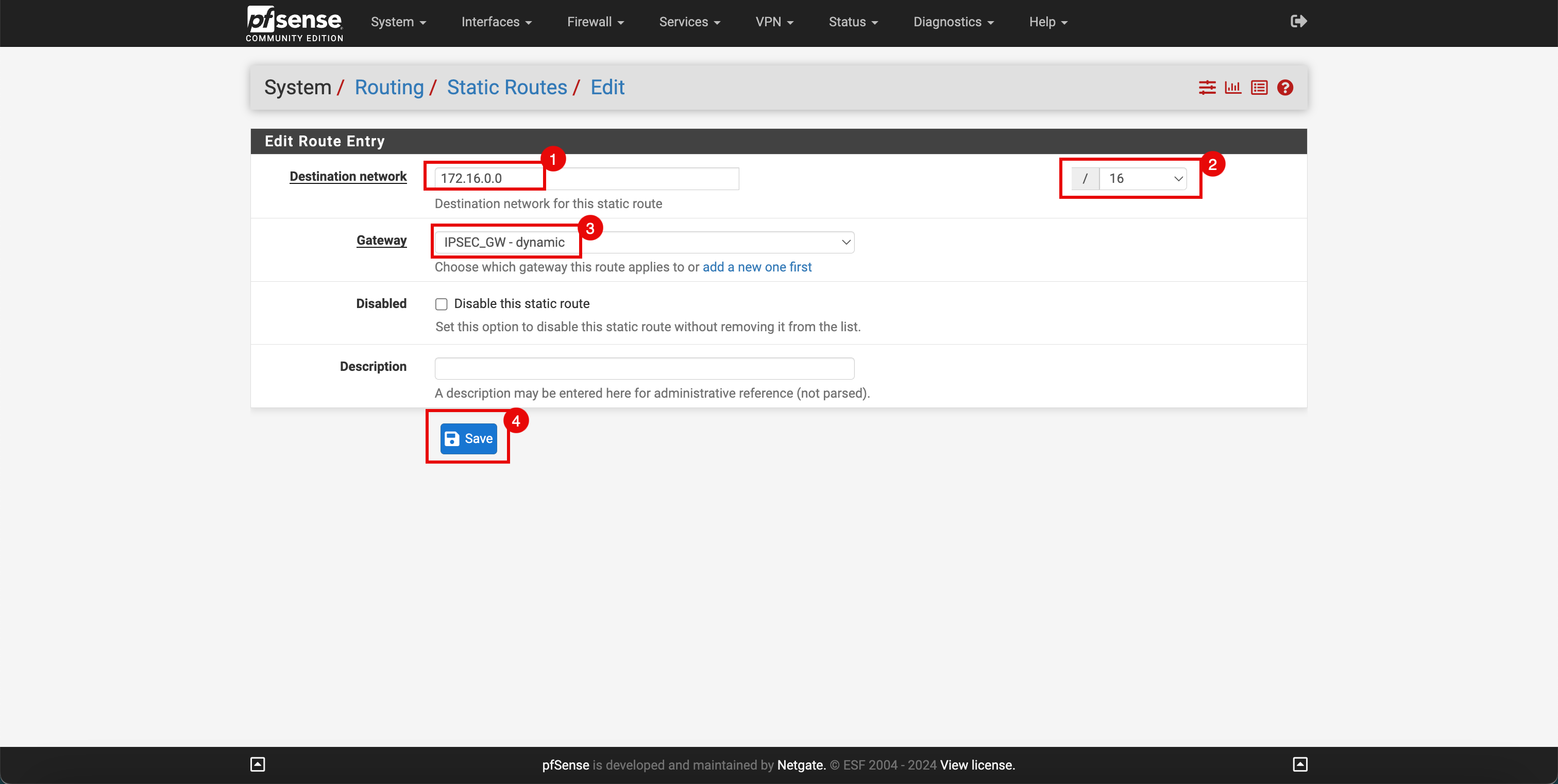

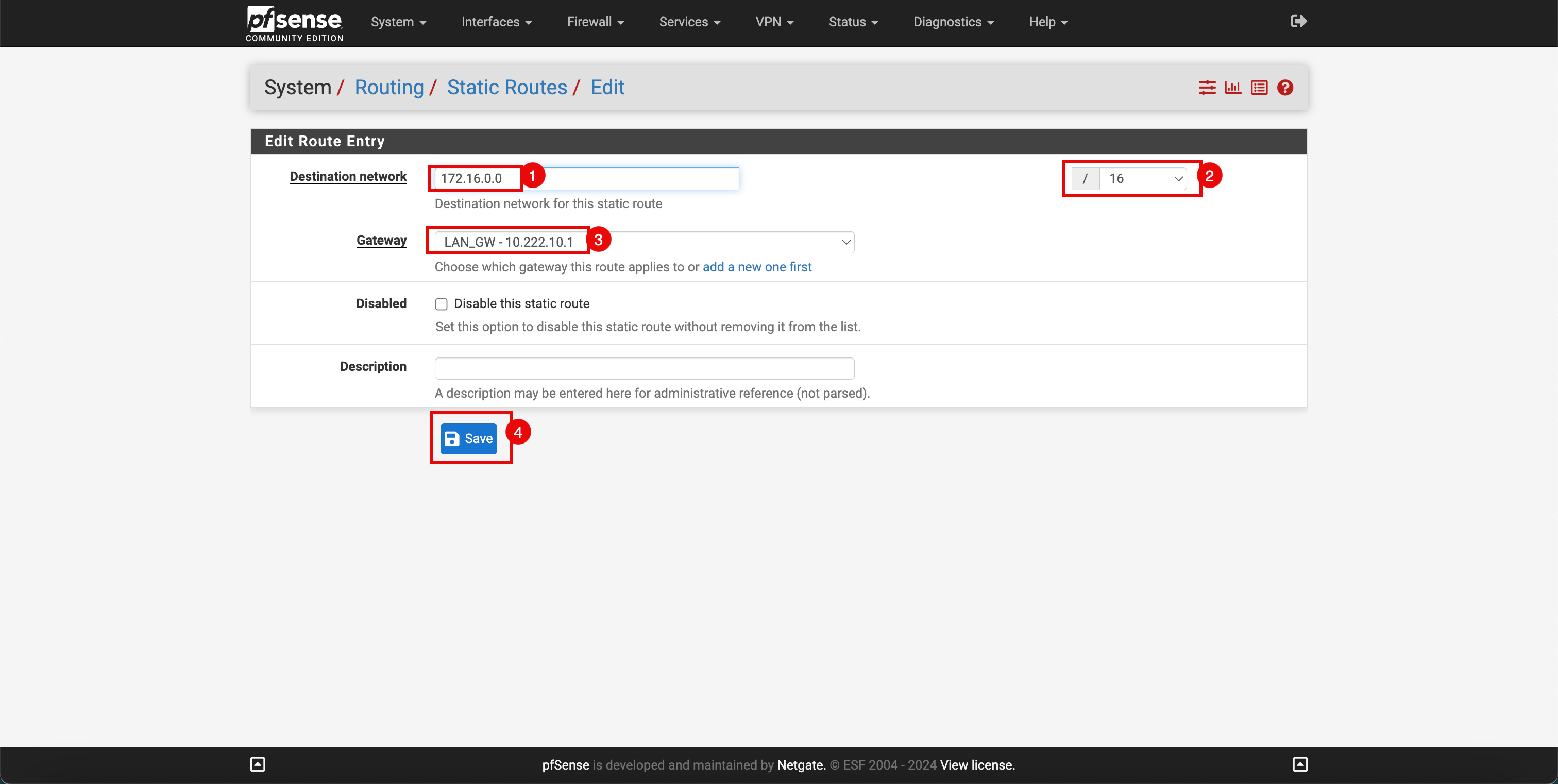

+ 추가를 눌러 새 정적 경로를 추가합니다.

- OCI 네트워크의 대상 네트워크를 입력합니다.

- OCI 네트워크의 대상 서브넷을 선택합니다.

- 위에서 생성한 게이트웨이를 선택합니다.

- Save를 누릅니다.

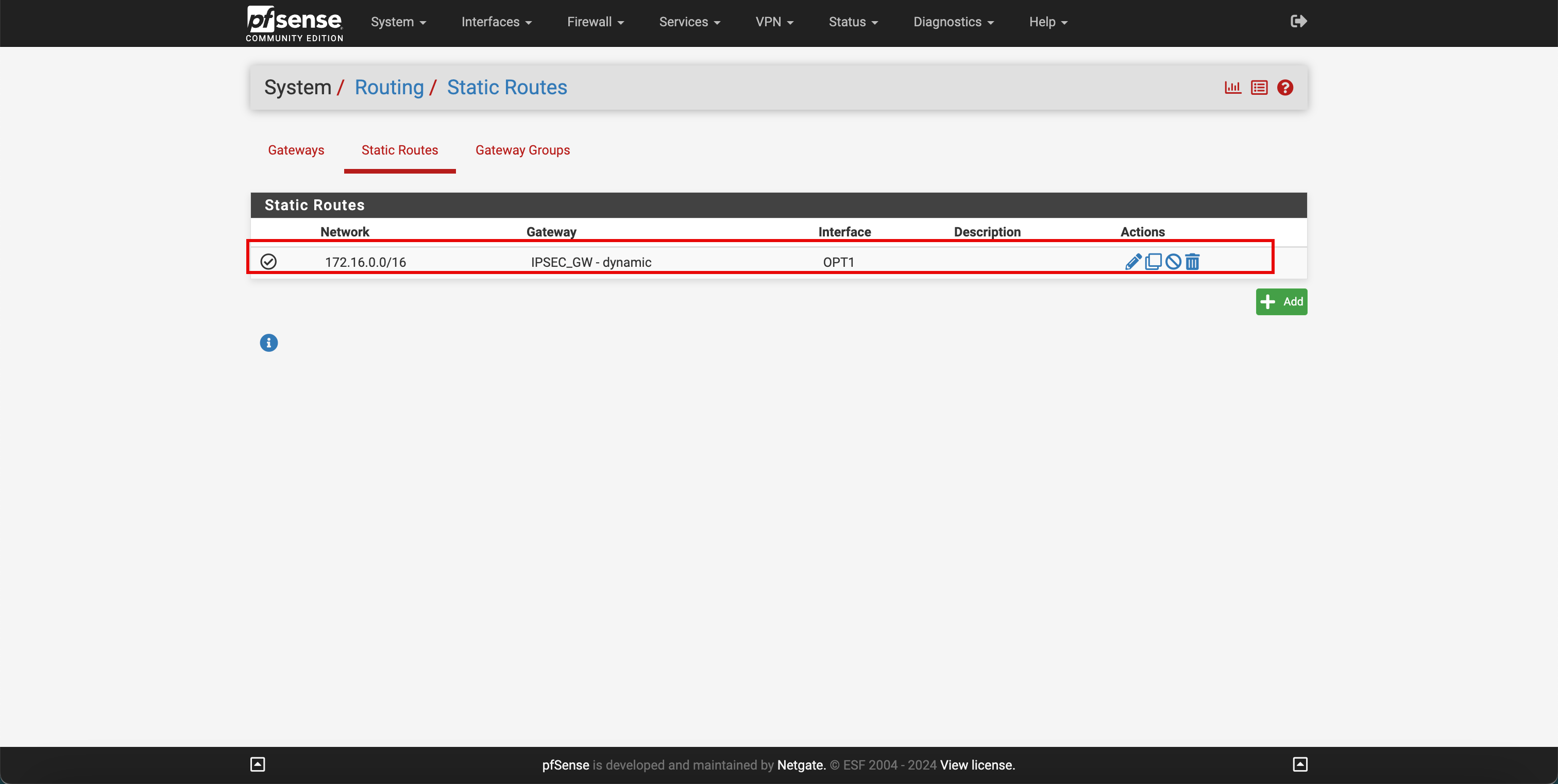

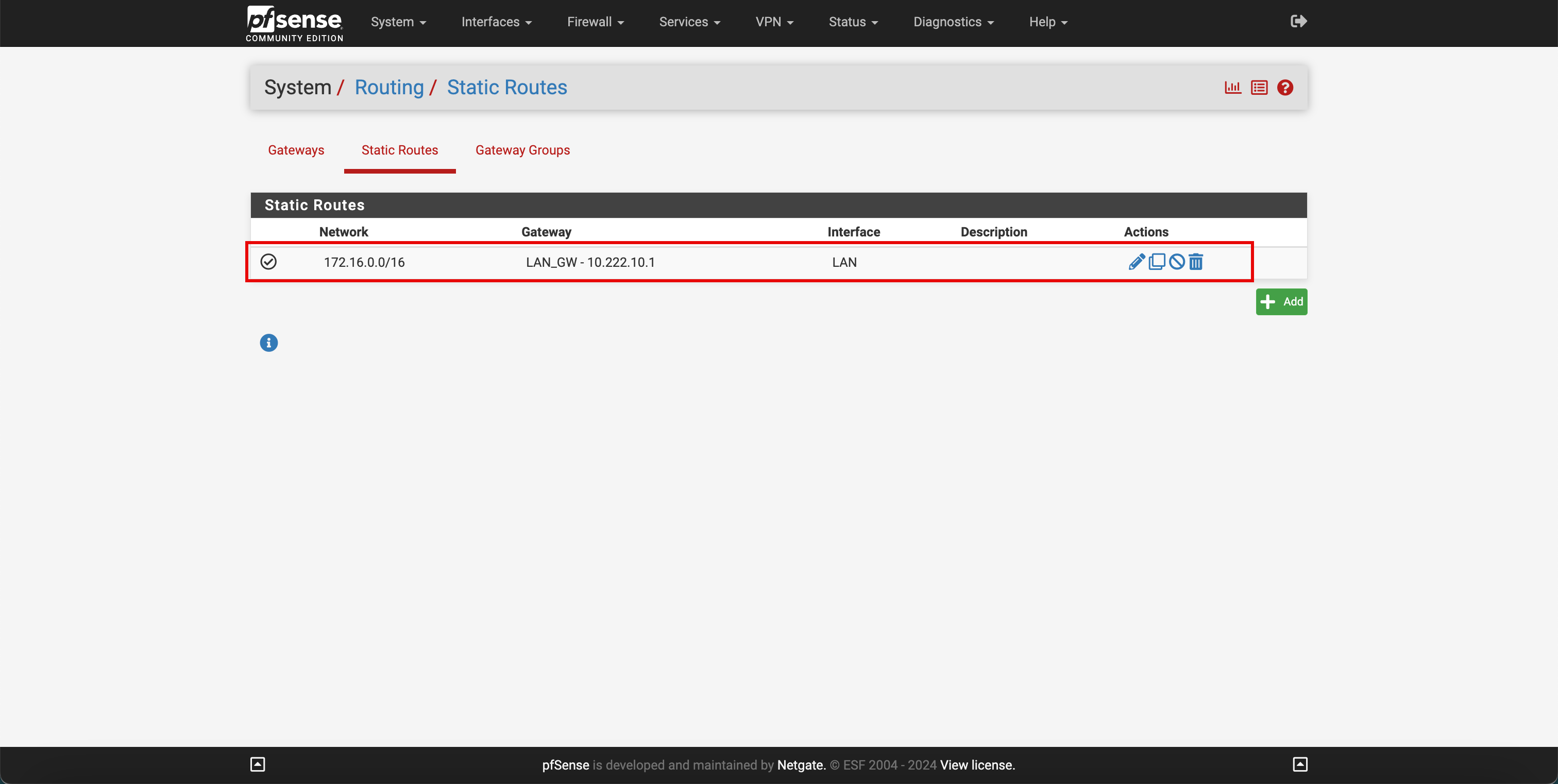

-

터널 인터페이스를 사용하여 OCI 네트워크로 향하는 트래픽 경로를 지정하는 새 정적 경로가 추가됩니다.

작업 6: 온-프레미스(On-Premise) 라우팅 구성

IPSec VPN 엔드포인트인 pfSense에서 라우팅 작업을 수행하고 있습니다. 나머지 온프레미스 네트워크는 OCI 네트워크에 연결하는 방법을 알고 있어야 합니다. 따라서 OCI로 향하는 모든 트래픽을 pfSense VPN 엔드포인트로 라우팅해야 합니다.

테스트 온프레미스 컴퓨트 클라이언트에서 경로 지정 구성

pfSense 인스턴스를 사용하여 온프레미스 네트워크를 시뮬레이션하고 있습니다.

주: 이 인스턴스는 방금 IPSec 터널을 구성하는 데 사용한 인스턴스와는 다른 인스턴스입니다!

-

PfSense 포털로 이동합니다.

- System(시스템) 드롭다운 메뉴를 누릅니다.

- 경로 지정을 누릅니다.

WAN_DHCP또는 첫번째 우선순위로 사용할 기본 게이트웨이를 선택합니다.- + 추가를 눌러 새 게이트웨이를 추가합니다.

- 인터페이스에서

LAN을 선택합니다. - 주소 계열에서

IPv4을 선택합니다. - 이름을 입력합니다.

- IPSec 터널을 종료하는 pfSense 인스턴스의 LAN IP 주소를 입력합니다.

- 아래로.

-

Save를 누릅니다.

- 다른 pfSense 인스턴스에 대해 새 게이트웨이가 추가됩니다.

- Static Routes를 누릅니다.

-

+ 추가를 눌러 새 정적 경로를 추가합니다.

- OCI 네트워크의 대상 네트워크를 선택합니다.

- OCI 네트워크의 대상 서브넷을 선택합니다.

- 위에서 생성한 게이트웨이를 선택합니다.

- Save를 누릅니다.

-

다른 pfSense 인스턴스를 사용하여 OCI 네트워크로 향하는 트래픽의 경로를 지정하는 새 정적 경로가 추가됩니다.

작업 7: 연결 확인

VPN을 구성하고, 올바른 방화벽 규칙을 추가하고, 라우팅을 구성했으며, 이제 연결을 테스트합니다.

작업 7.1: 온프레미스에서 스포크 VCN A로 핑

-

경로 지정 구성으로 인해:

- 트래픽이 (온프레미스) pfSense VPN 인스턴스로 전송됩니다.

- 트래픽은 IPSec VPN 터널을 통해 DRG로 전송됩니다.

- 그러면 DRG는 트래픽을 OCI pfSense 방화벽으로 라우팅합니다.

- OCI pfSense 방화벽은 구성된 방화벽 규칙을 기반으로 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 Spoke 인스턴스로 라우팅됩니다.

-

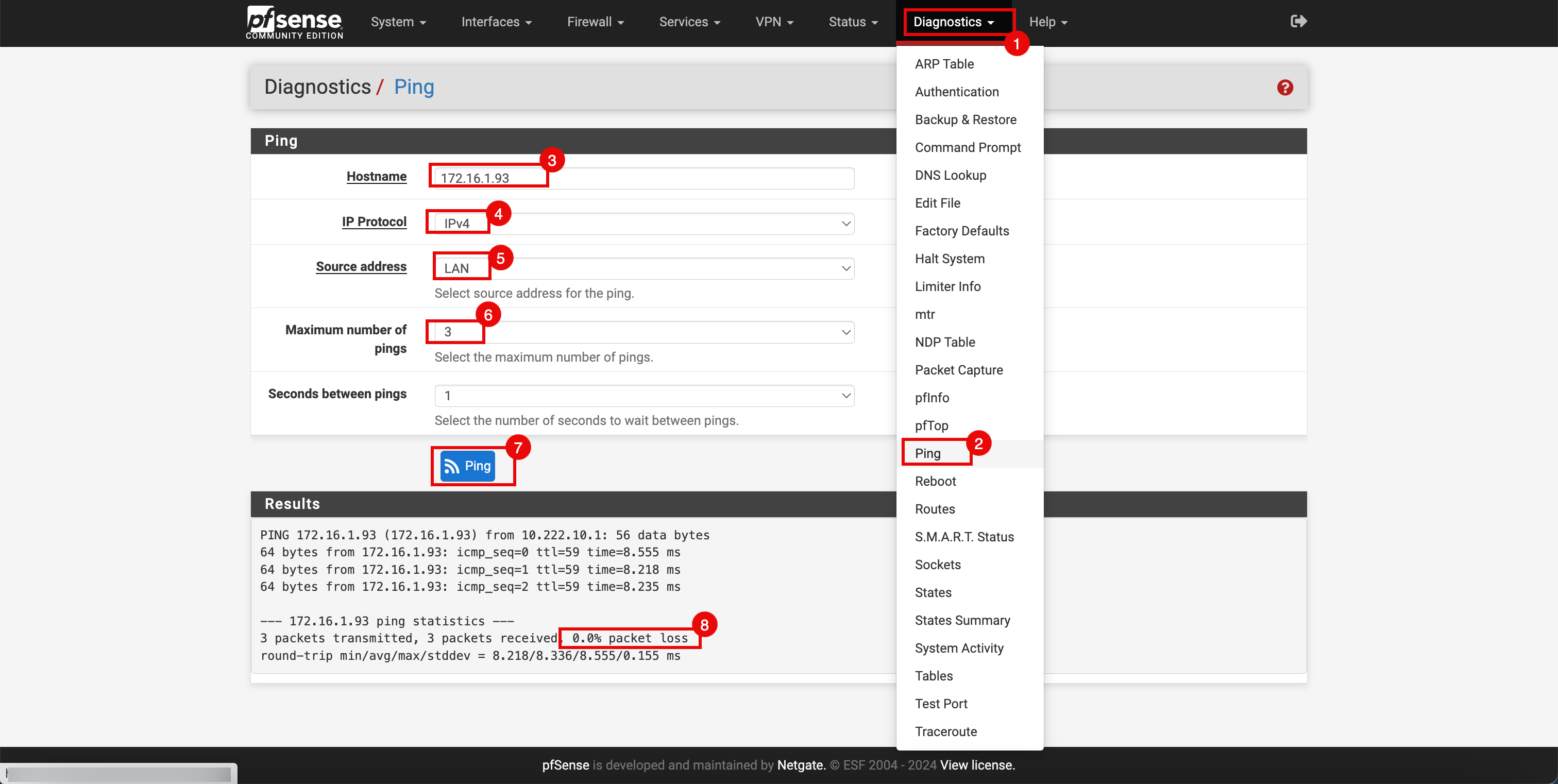

VPN pfSense 온프레미스 인스턴스에서 핑 테스트를 수행합니다.

- Diagnostics 드롭다운 메뉴를 누릅니다.

- Ping을 누릅니다.

- 스포크 VCN A 인스턴스의 IP 주소인 호스트 이름을 입력합니다.

- IP 프로토콜에서

IPv4을 선택합니다. - 소스 주소에서

LAN인터페이스를 선택합니다. - 최대 핑 수에서

3을 선택합니다. - Ping을 누릅니다.

- 0% 패킷 손실이 있습니다.

-

다른 pfSense 인스턴스(클라이언트)에서 테스트를 수행할 수도 있습니다. 클라이언트 pfSense 온프레미스 인스턴스에서 핑 테스트를 수행합니다.

- Diagnostics 드롭다운 메뉴를 누릅니다.

- Ping을 누릅니다.

- 스포크 VCN A 인스턴스의 IP 주소인 호스트 이름을 입력합니다.

- IP 프로토콜에서

IPv4을 선택합니다. - 소스 주소에서

LAN인터페이스를 선택합니다. - 최대 핑 수에서

3을 선택합니다. - Ping을 누릅니다.

- 0% 패킷 손실이 있습니다.

작업 7.2: 스포크 VCN B에서 온프레미스로 핑

-

경로 지정 구성으로 인해:

- 트래픽이 DRG로 전송됩니다.

- 그러면 DRG는 트래픽을 OCI pfSense 방화벽으로 라우팅합니다.

- OCI pfSense 방화벽은 구성된 방화벽 규칙을 기반으로 트래픽을 허용하거나 거부합니다.

- ICMP 트래픽이 수락되면 트래픽이 다시 DRG로 라우팅됩니다.

- 트래픽은 IPSec VPN 터널을 통해 온프레미스 pfSense 인스턴스로 전송됩니다.

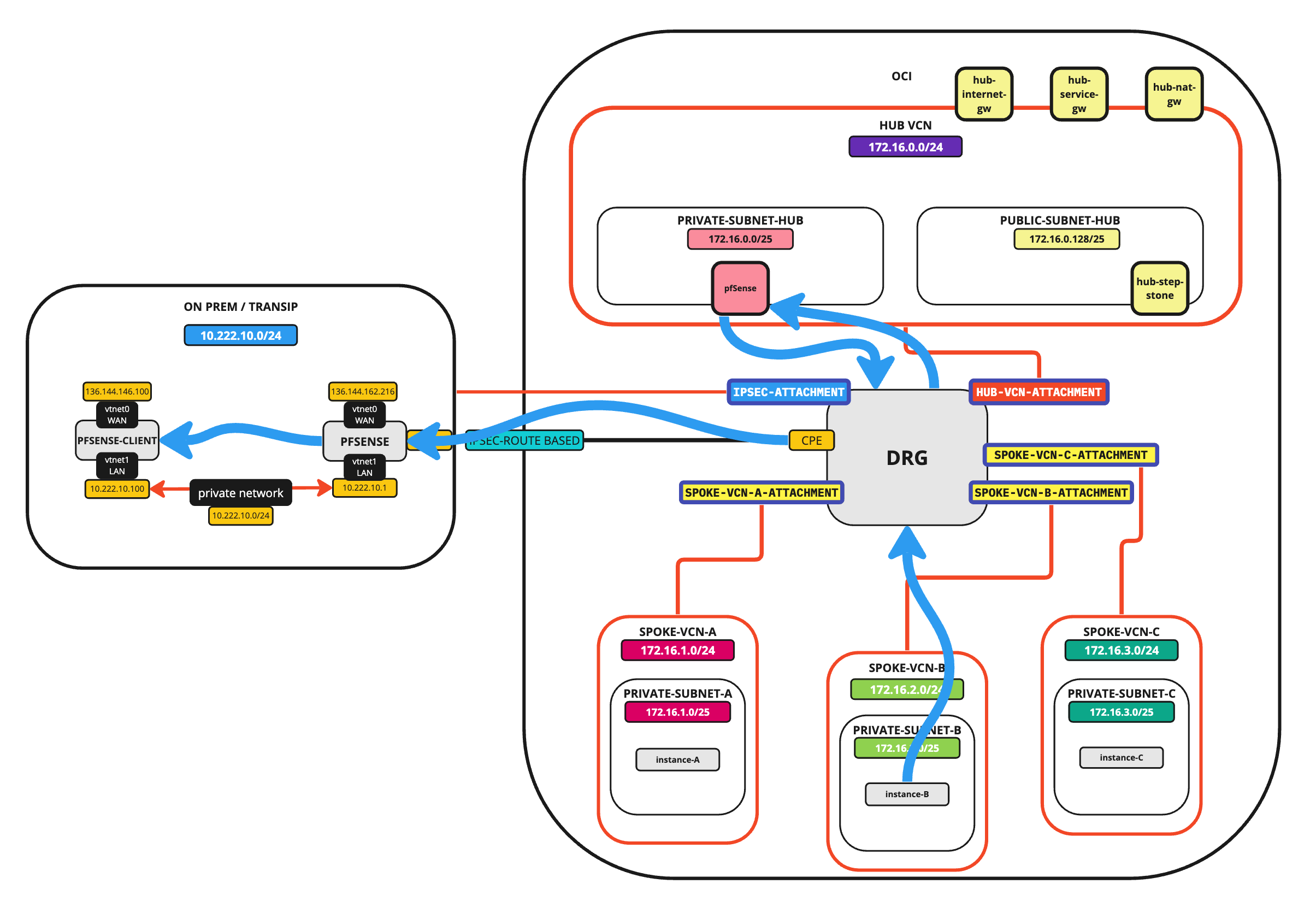

- 스포크 B VCN 인스턴스에 접속합니다.

- 온프레미스 pfSense VPN 인스턴스(

10.222.10.1)의 LAN IP 주소에 대해 핑을 수행합니다. - 패킷 손실이 0%이므로 핑이 성공합니다.

- 온프레미스 pfSense 클라이언트 인스턴스(

10.222.10.100)의 LAN IP 주소에 대해 핑을 수행합니다. - 패킷 손실이 0%이므로 핑이 성공합니다.

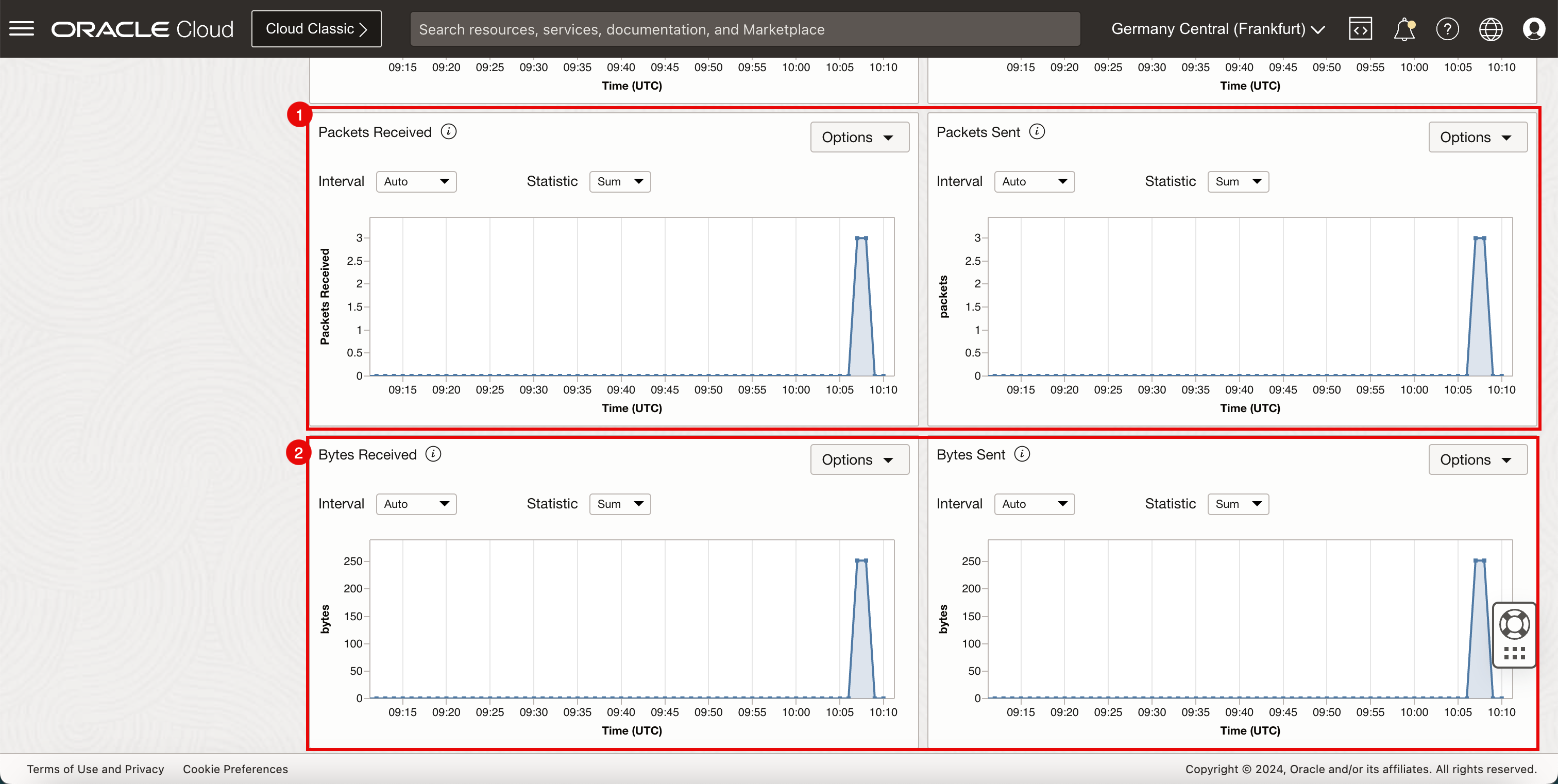

작업 7.3: OCI에서 IPSec VPN 네트워크 통계 확인

-

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워킹을 누릅니다.

- Site-to-Site VPN을 누릅니다.

-

VPN을 클릭합니다.

-

첫번째 터널을 누릅니다.

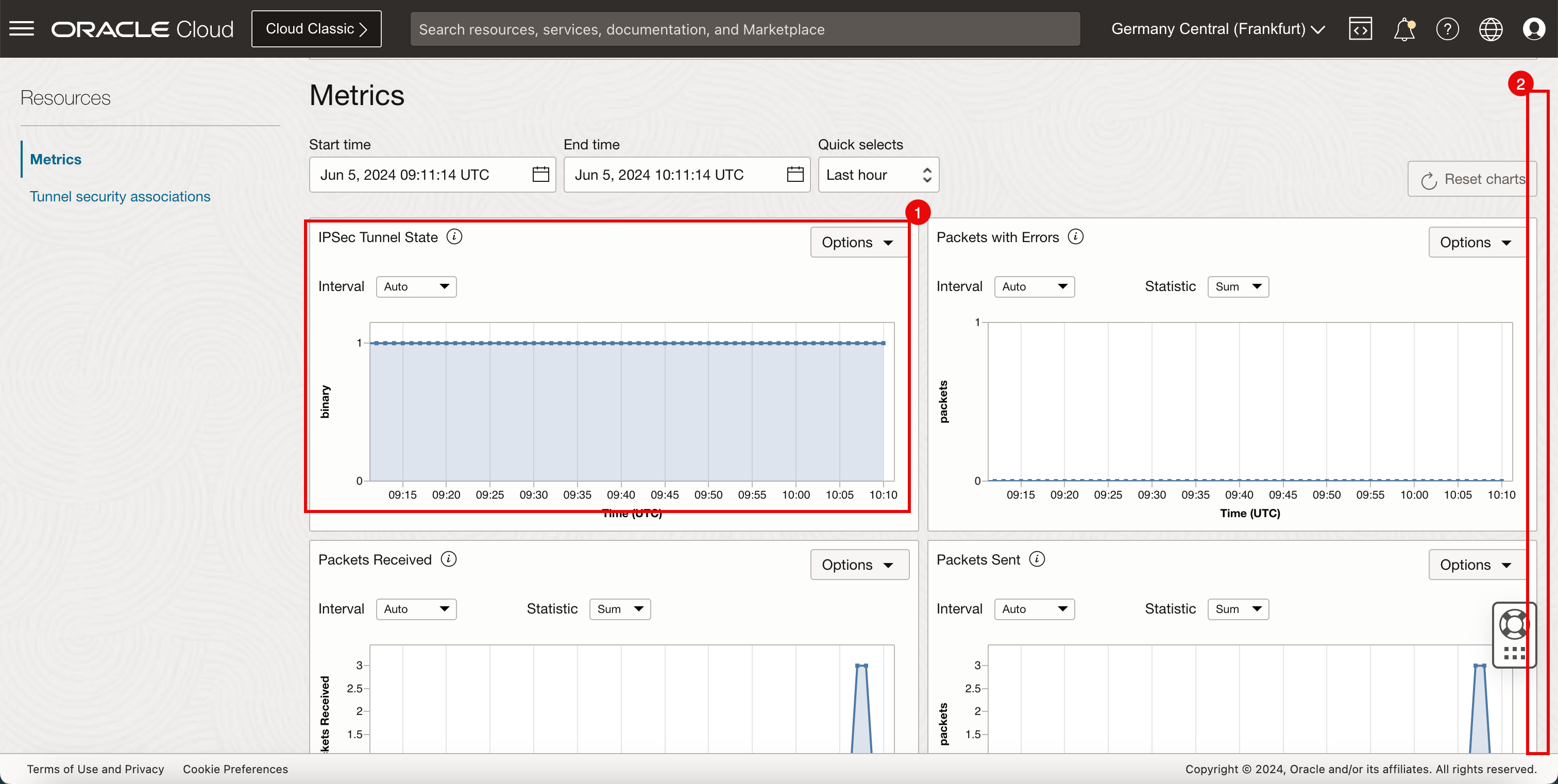

- 터널 상태는 이진 상태인

1상수를 표시하며, 이는 터널이 지속적으로 작동 중임을 나타냅니다. - 아래로.

- 그래프는 수신된 패킷 및 전송된 패킷에 대해 최고입니다. 이는 작업 7.1에서 수행한 핑 때문입니다.

- 그래프는 수신된 패킷 및 전송된 패킷에 대해 최고입니다. 이는 작업 7.2에서 수행한 핑 때문입니다.

- 터널 상태는 이진 상태인

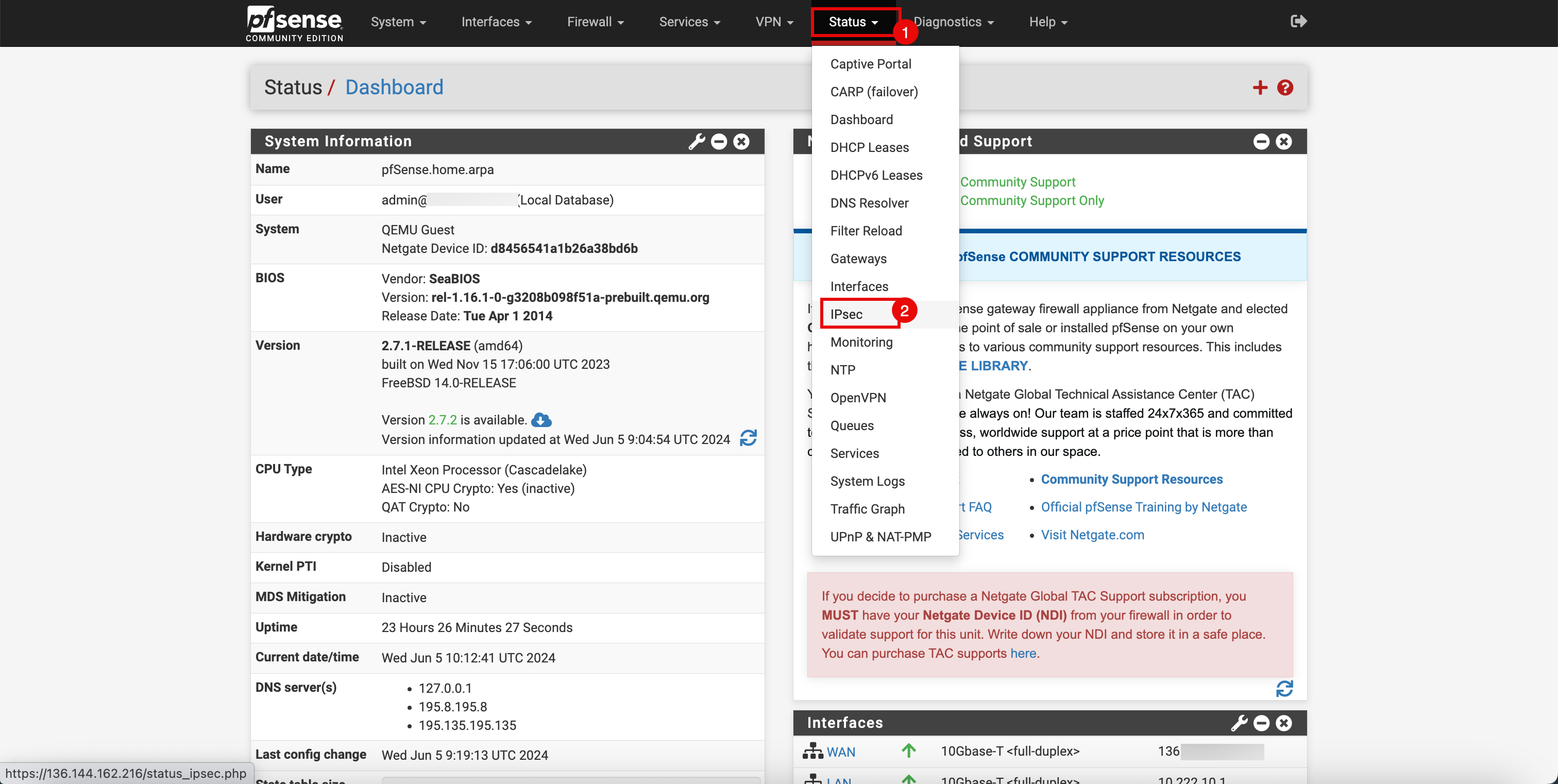

작업 7.4: pfSense VPN 인스턴스(온프레미스)에서 IPSec VPN 네트워크 통계 확인

-

PfSense 포털로 이동합니다.

- 상태 드롭다운 메뉴를 누릅니다.

- IPSec을 누릅니다.

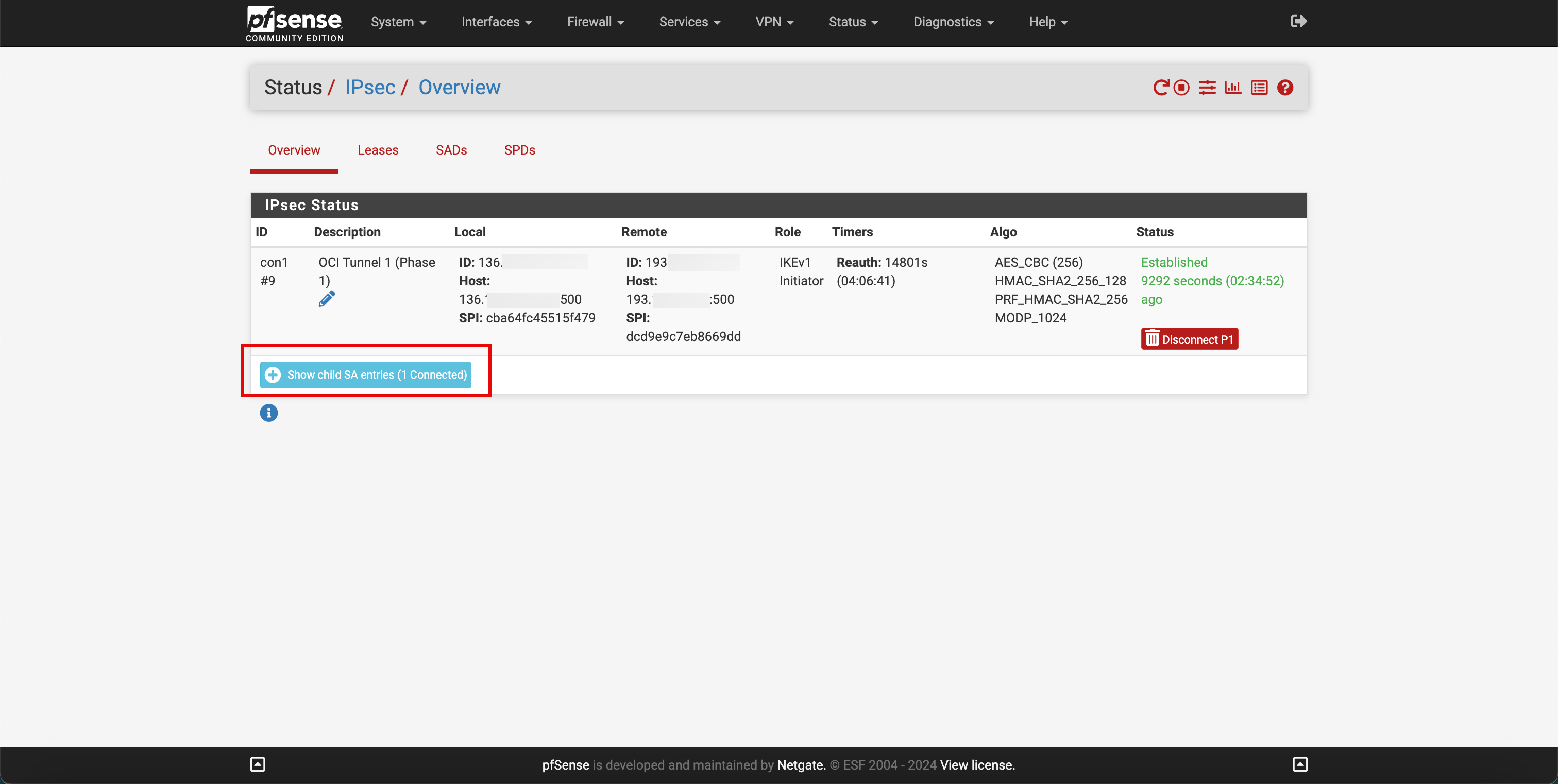

-

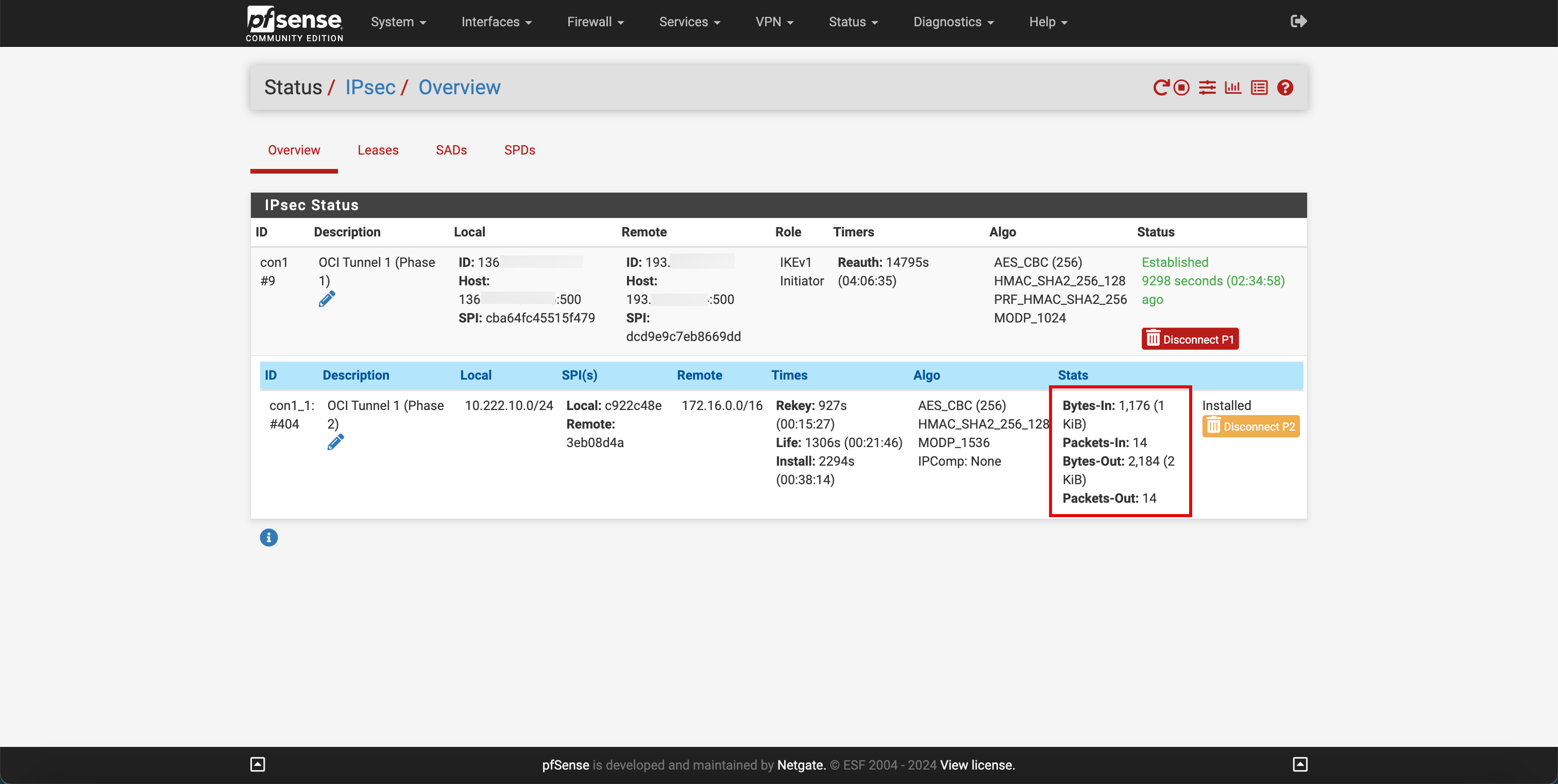

하위 SA 항목 표시(연결 1개)를 누릅니다.

-

패킷 및 바이트가 들어오고 나갔음을 알 수 있습니다.

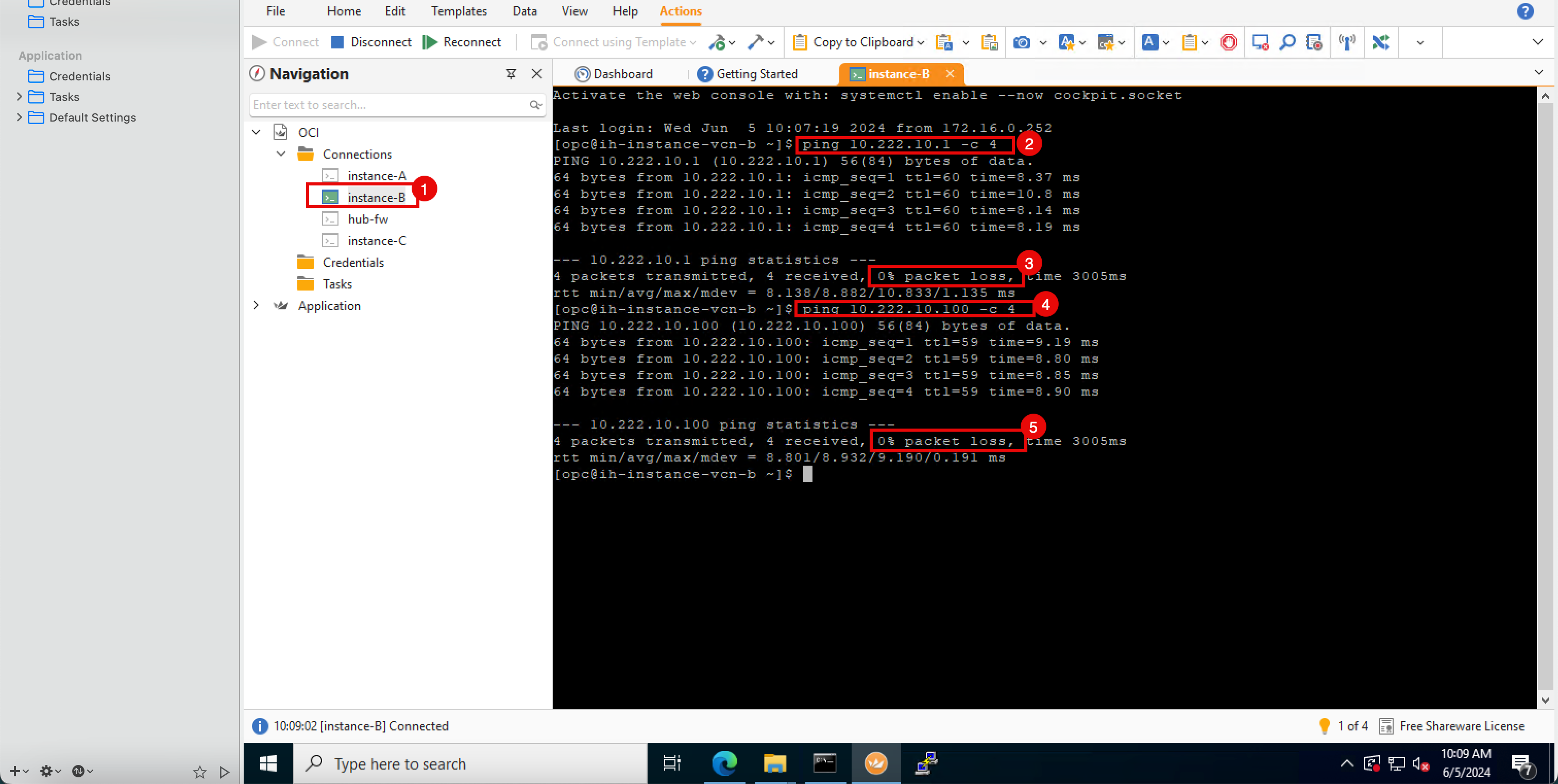

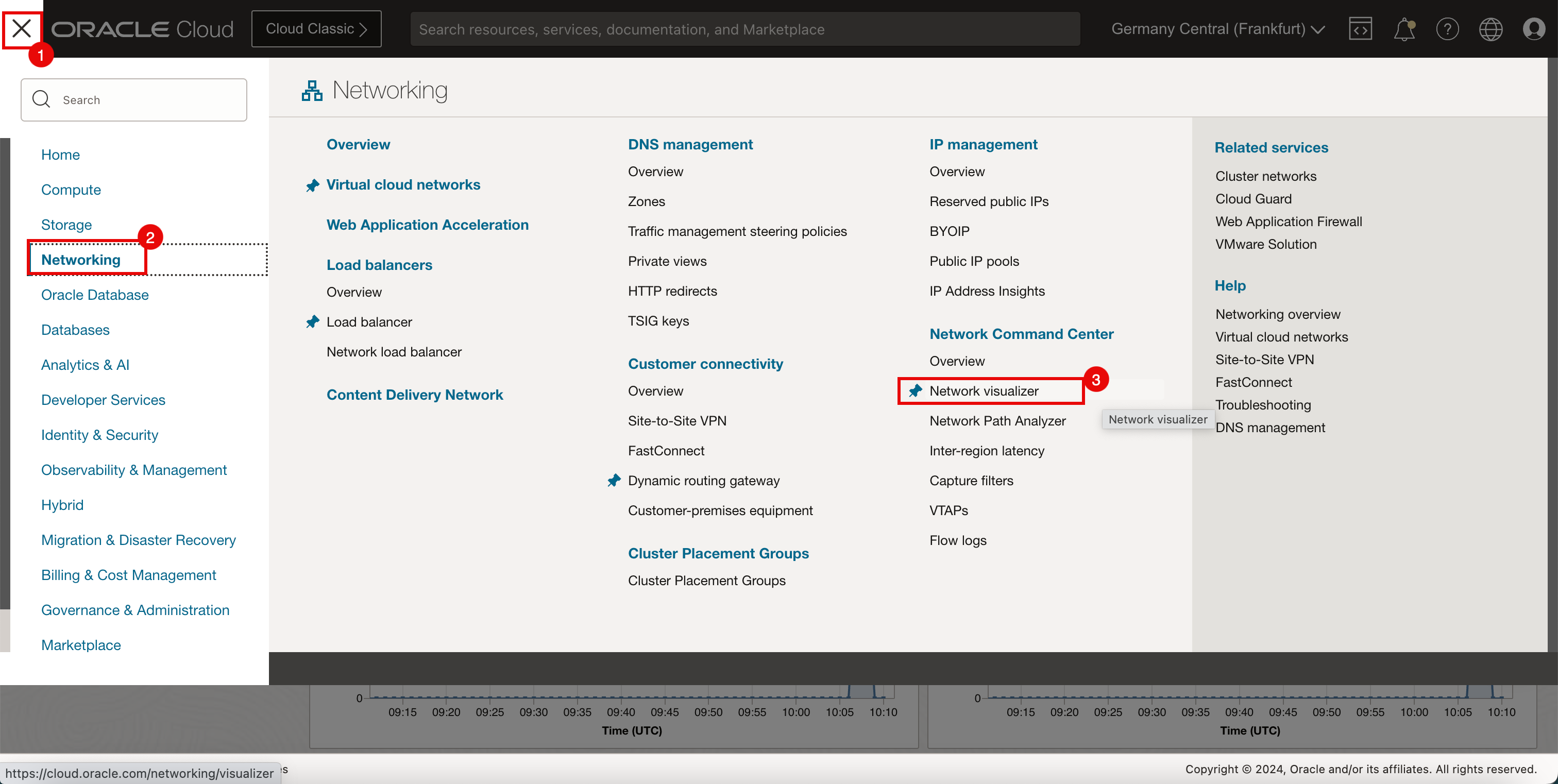

Network Visualizer

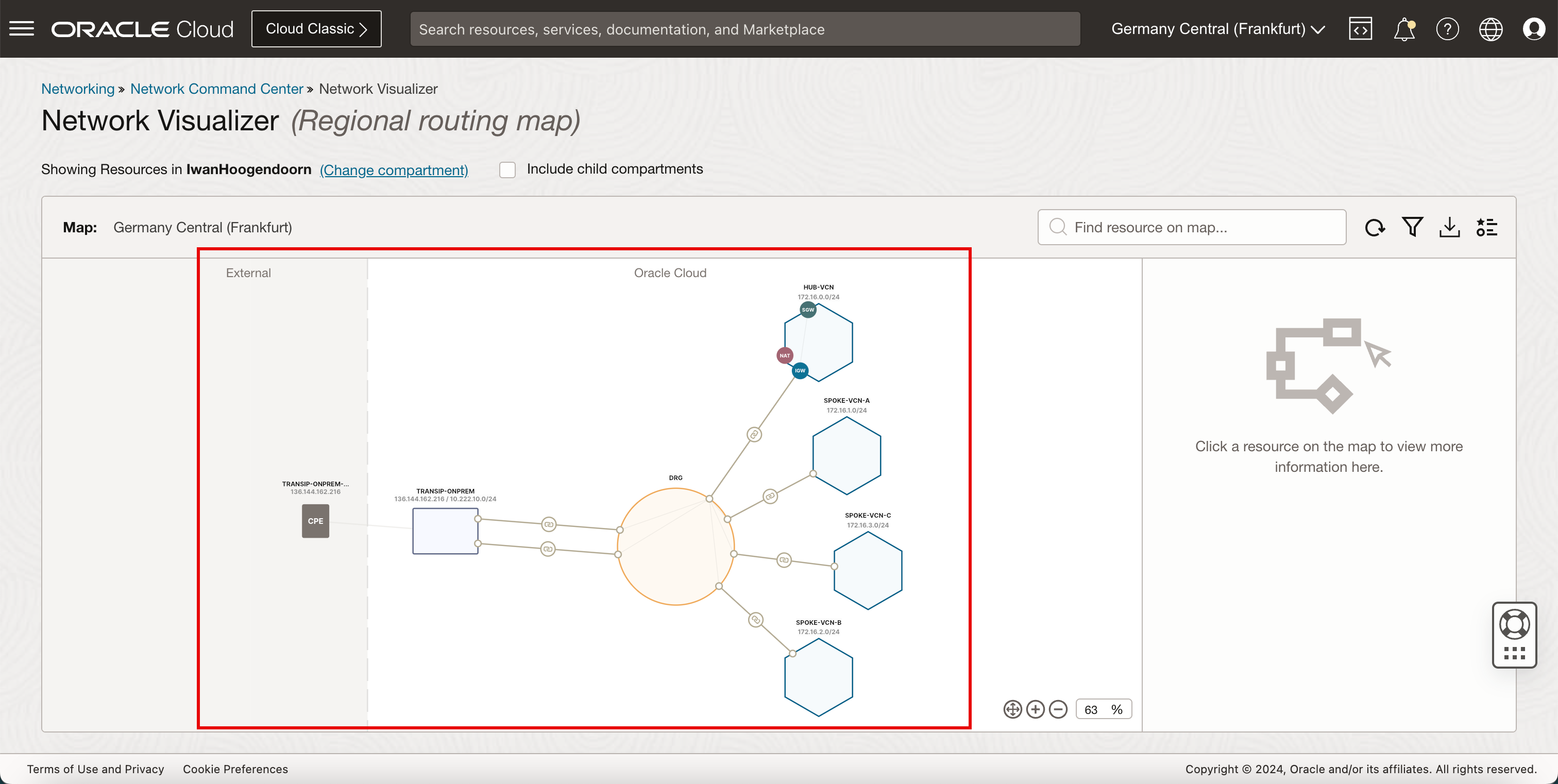

VPN을 추가했으므로 OCI 콘솔의 Network Visualizer를 사용하여 네트워크 개요를 얻을 수 있습니다.

-

OCI 콘솔로 이동합니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 네트워크를 누릅니다.

- 네트워크 시각화 프로그램을 누릅니다.

-

4개의 VCN(1개의 허브와 3개의 스포크)과 VPN에 연결된 온프레미스를 볼 수 있습니다.

확인

- 작성자 - Iwan Hoogendoorn(OCI Network Specialist)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 살펴보거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하십시오. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10332-01

June 2024