주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마칠 때는 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

Oracle Cloud Infrastructure에 pfSense 방화벽 설치

소개

참고: pfSense는 Netgate 또는 Oracle이 Oracle Cloud Infrastructure에서 공식적으로 지원하지 않습니다. 이 자습서를 시도하기 전에 pfSense 지원 팀에 문의하십시오.

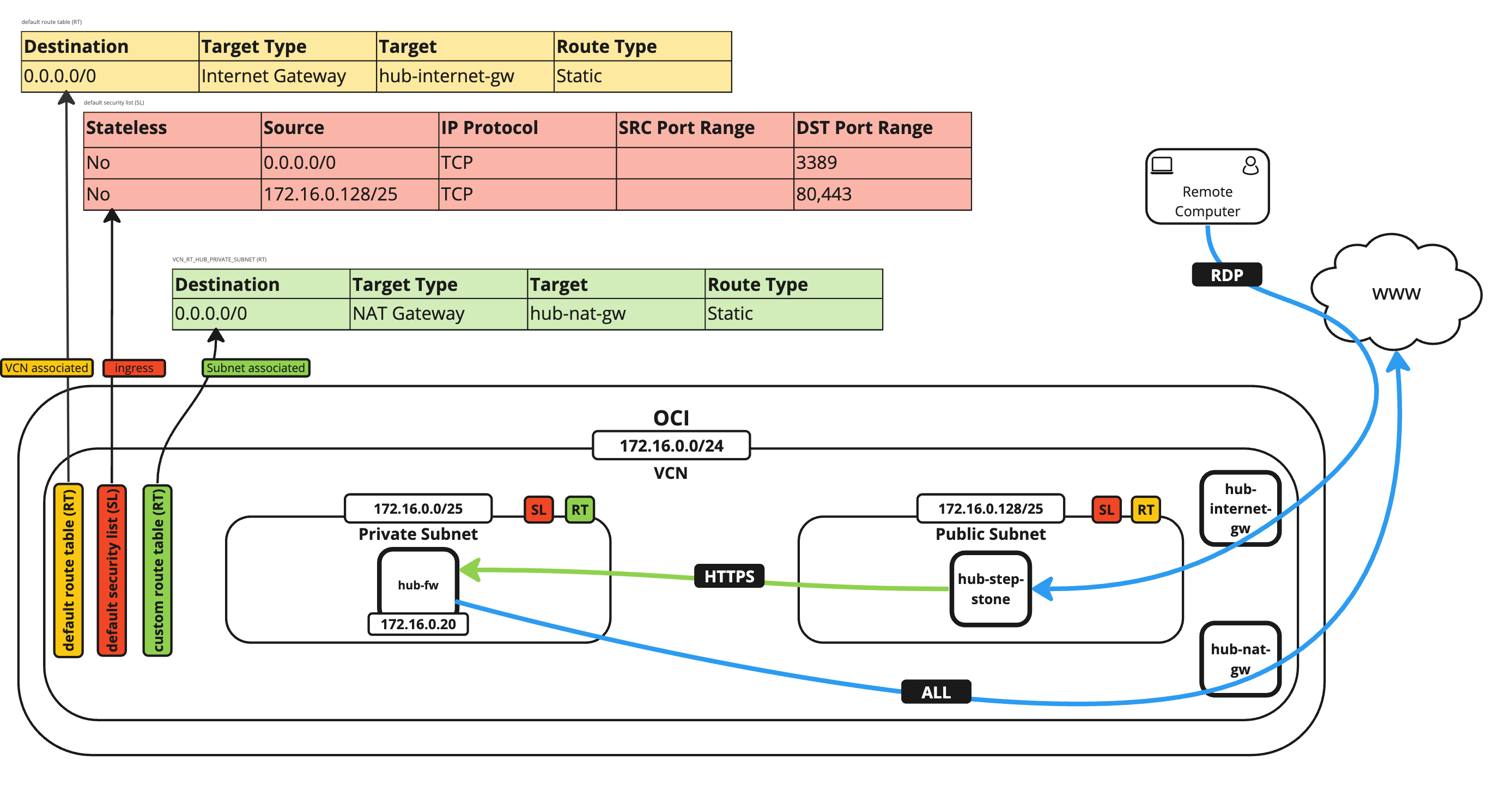

pfSense는 OCI(Oracle Cloud Infrastructure) 전용 방화벽 서비스를 시뮬레이션할 수 있는 운용 또는 테스트 목적으로 사용할 수 있는 방화벽입니다. 이 pfSense 방화벽 설정은 허브 및 스포크 VCN 라우팅 시나리오 내에서 사용할 수 있습니다.

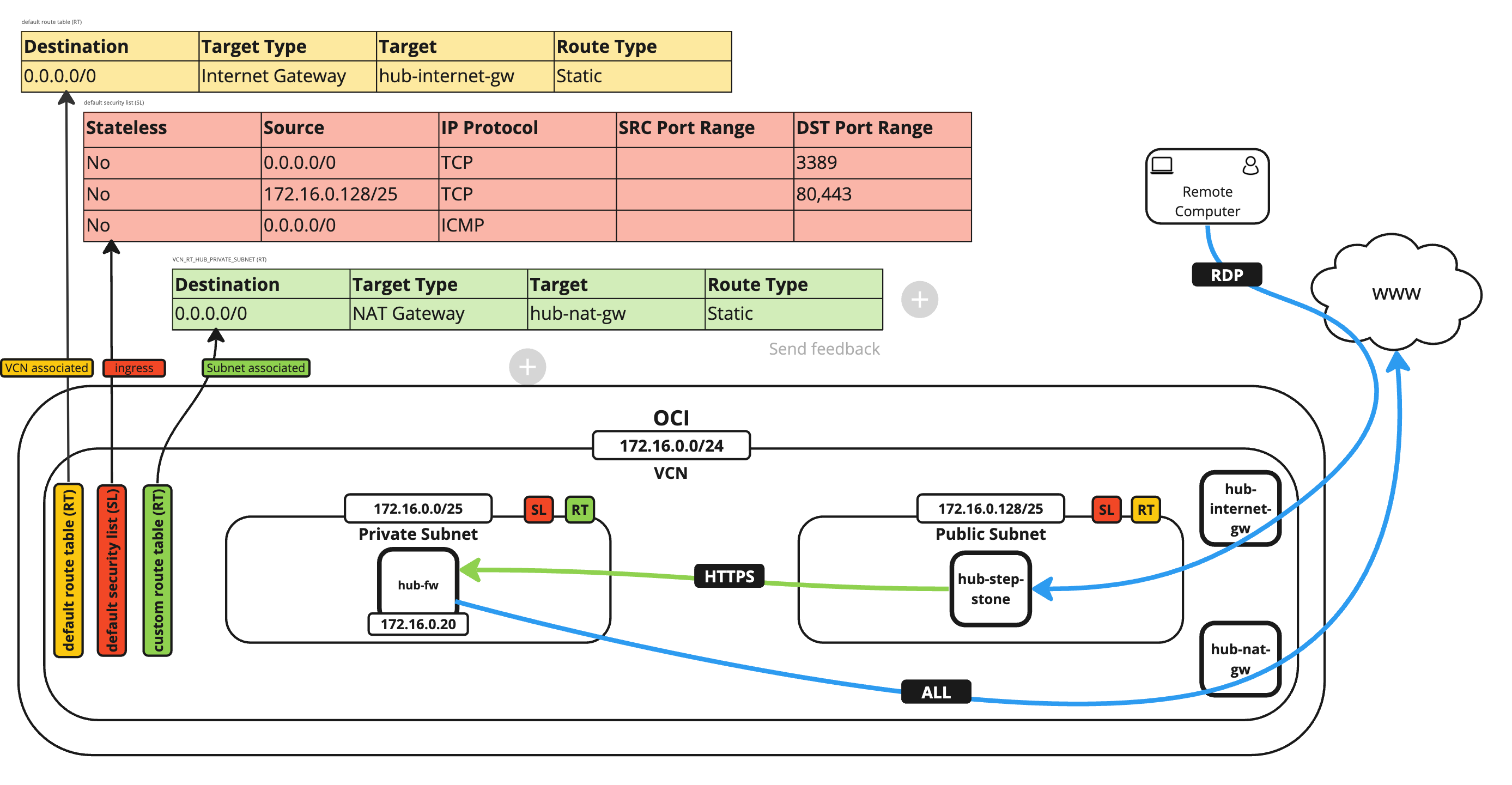

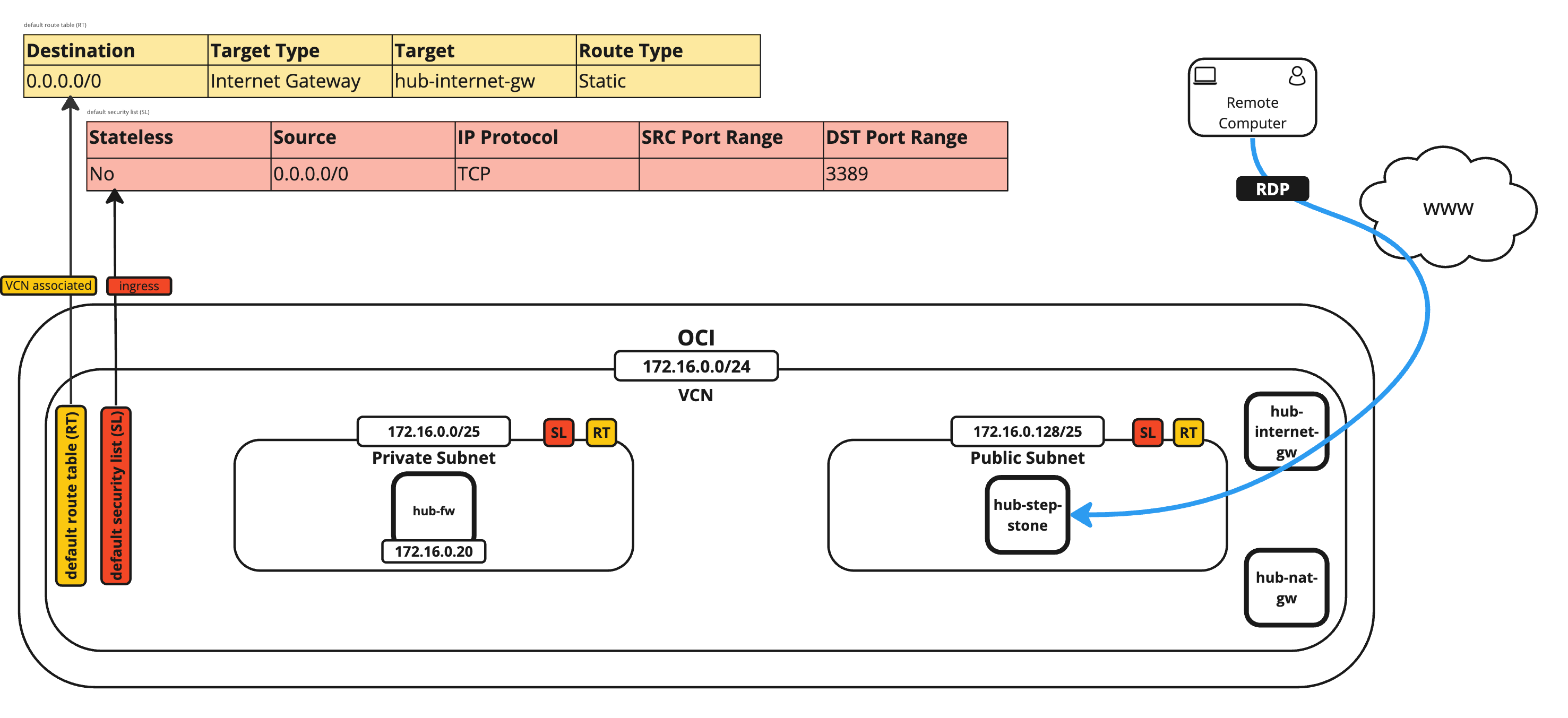

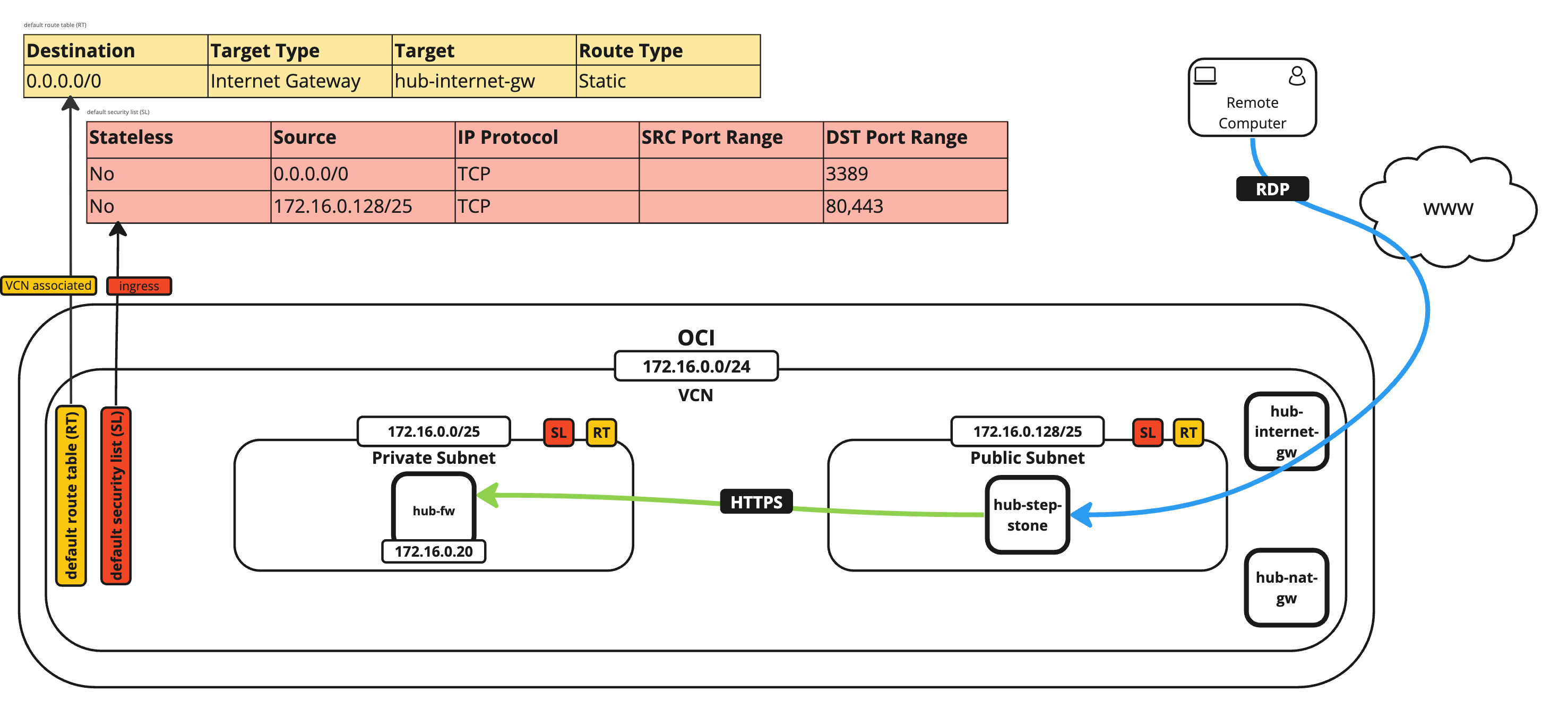

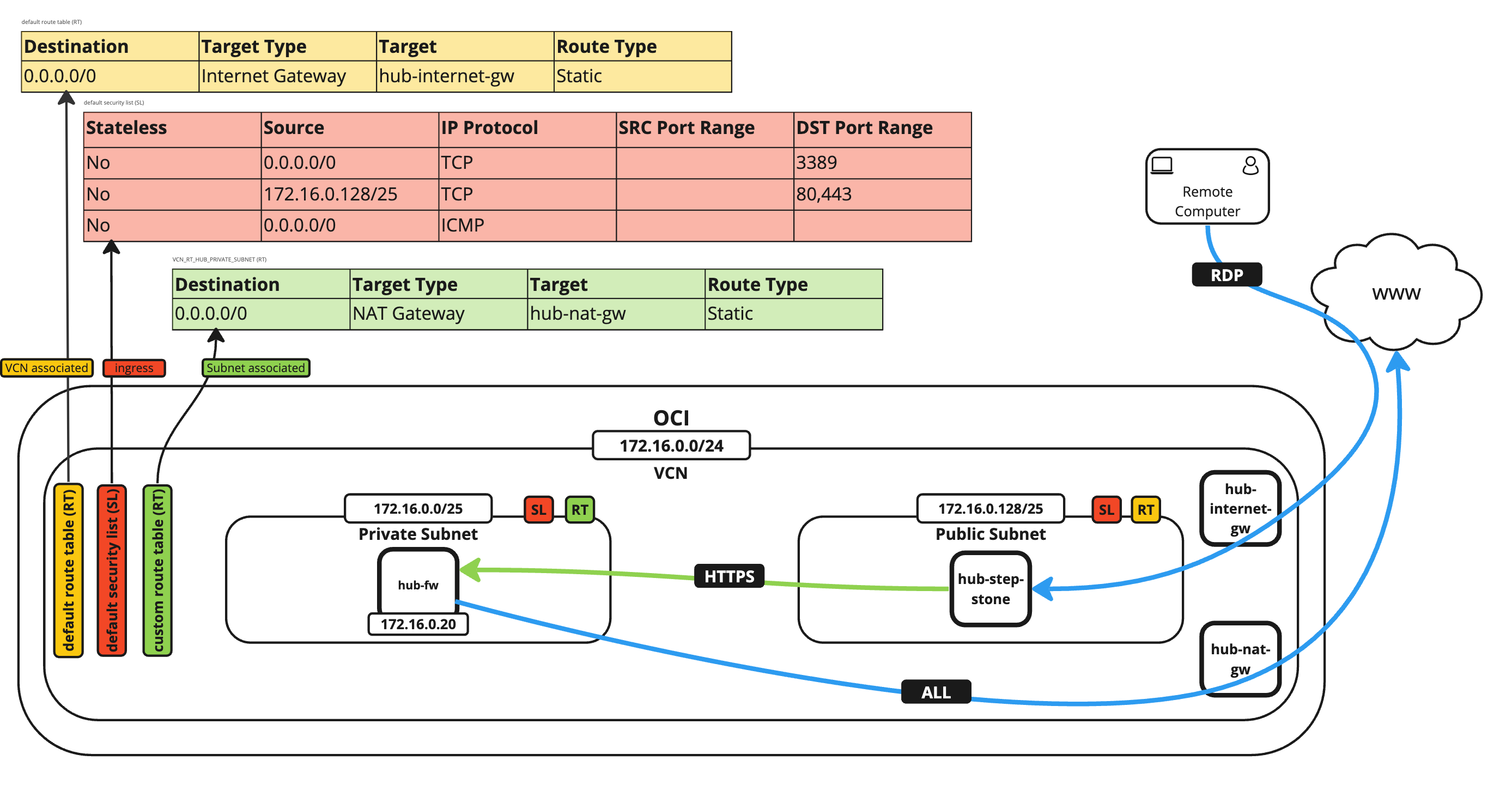

다음 이미지는 배치 및 구성이 완료될 때 환경이 어떻게 표시되는지 보여줍니다.

목표

- OCI 내에 pfSense 방화벽을 설정합니다. pfSense 방화벽을 제대로 관리할 수 있도록 경로 지정 및 보안 목록을 조정하고 일부 ICMP 테스트를 수행하여 연결을 확인합니다.

필요 조건

- OCI 내에서 pfSense 방화벽 설정을 시작하기 전에 웹 브라우저를 사용하여 새 pfSense 방화벽에 접속하여 pfSense 방화벽에 대한 관리를 수행할 수 있는 다른 인스턴스가 있어야 합니다. 이 자습서에서는 이 작업을 수행하기 위해 Windows 인스턴스를 만들었습니다. 비슷한 것을 가지고 있는지 확인하십시오.

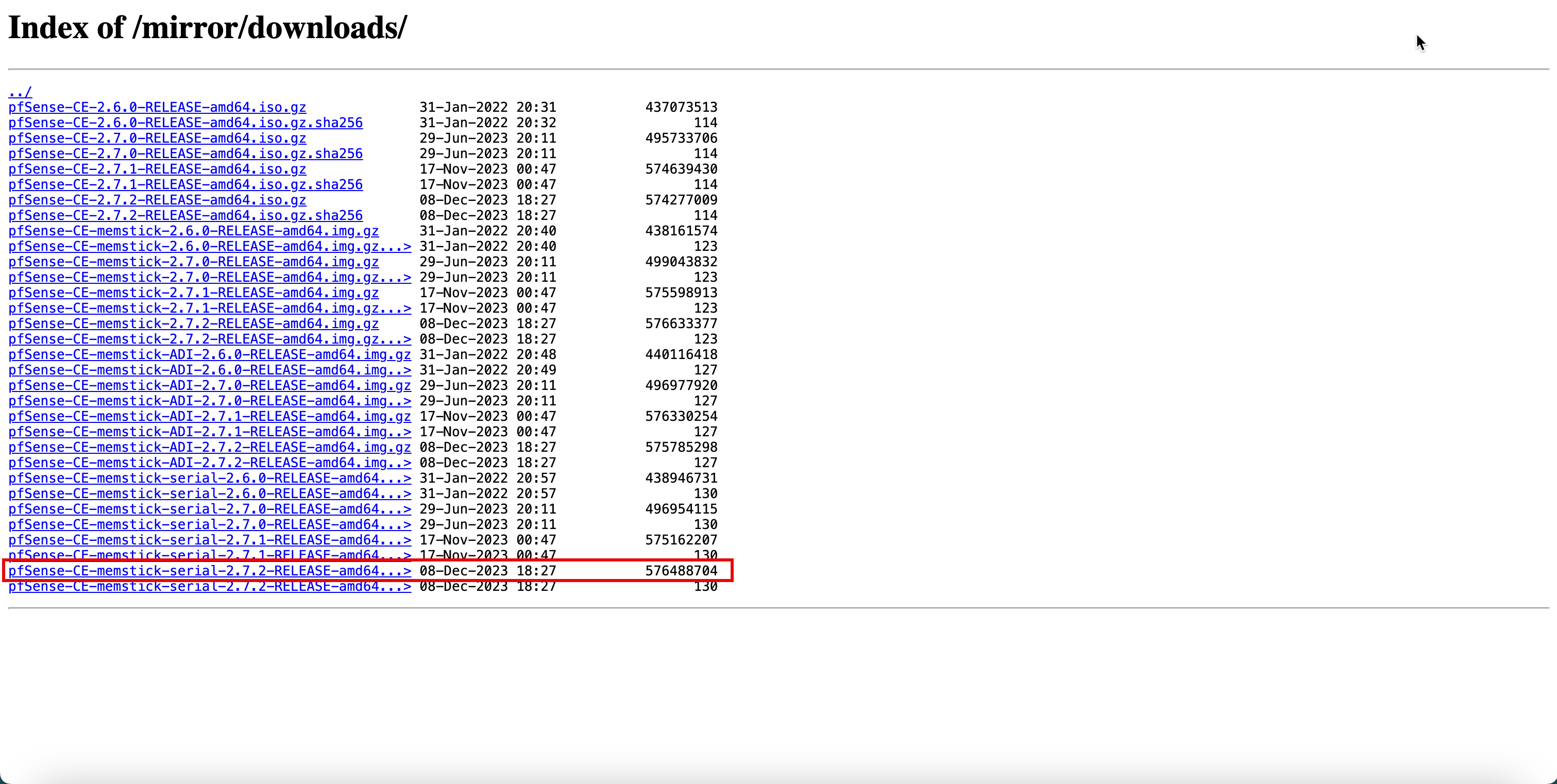

작업 1: pfSense 이미지 다운로드

-

Netgate 웹 사이트에서 pfSense 이미지를 다운로드합니다.

memstick-serial버전을 다운로드해야 합니다. 사용 중인 이미지의 파일 이름은pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.gz입니다. 자세한 내용은 Netgate를 참조하십시오.

- 이미지는

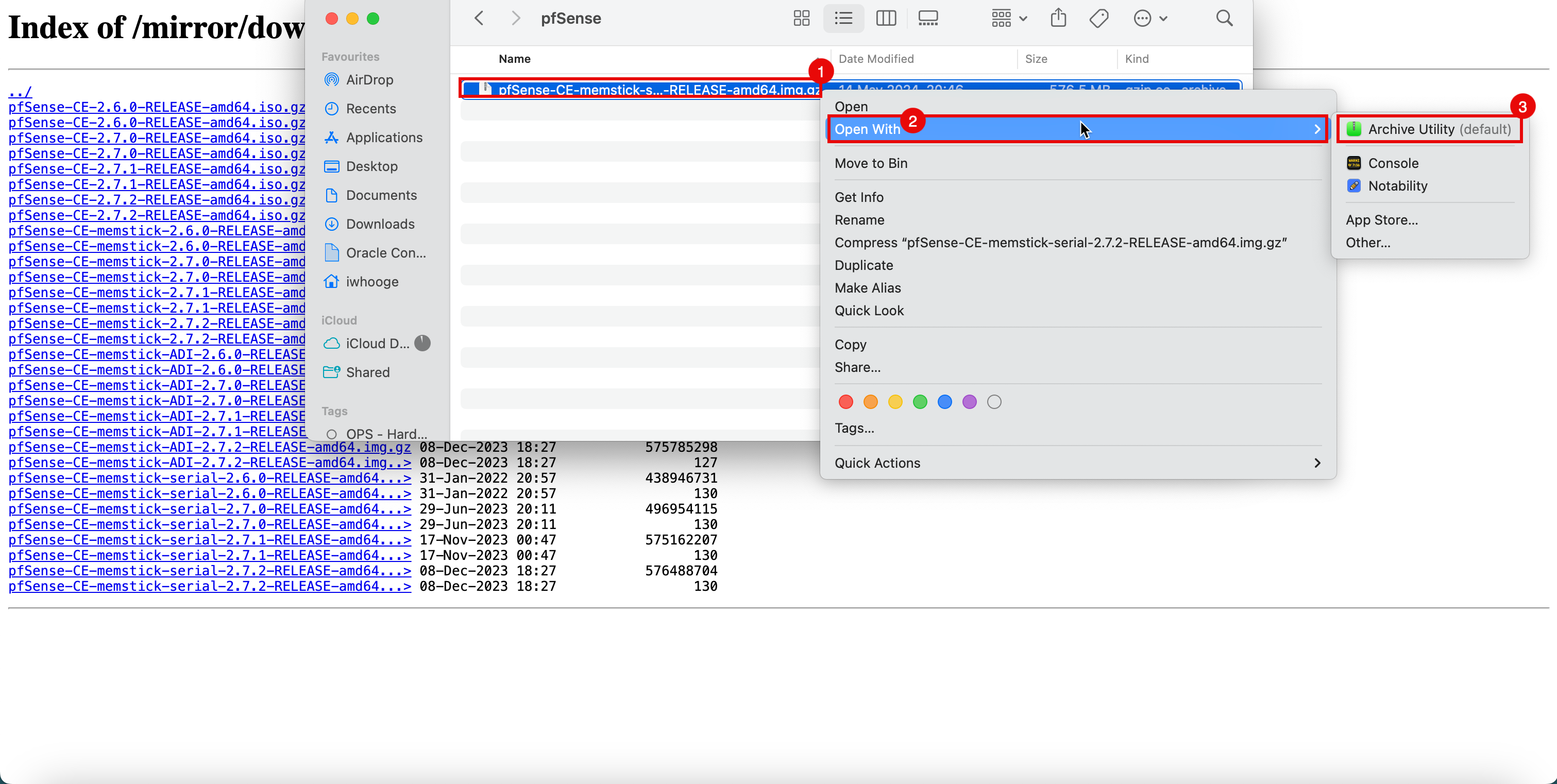

.gz형식이 됩니다. - OS X를 사용하는 경우 압축된 파일을 마우스 오른쪽 단추로 누르고 연결 프로그램을 누릅니다.

- Archive Utility(기본값)를 선택하여 이미지의 압축을 해제합니다.

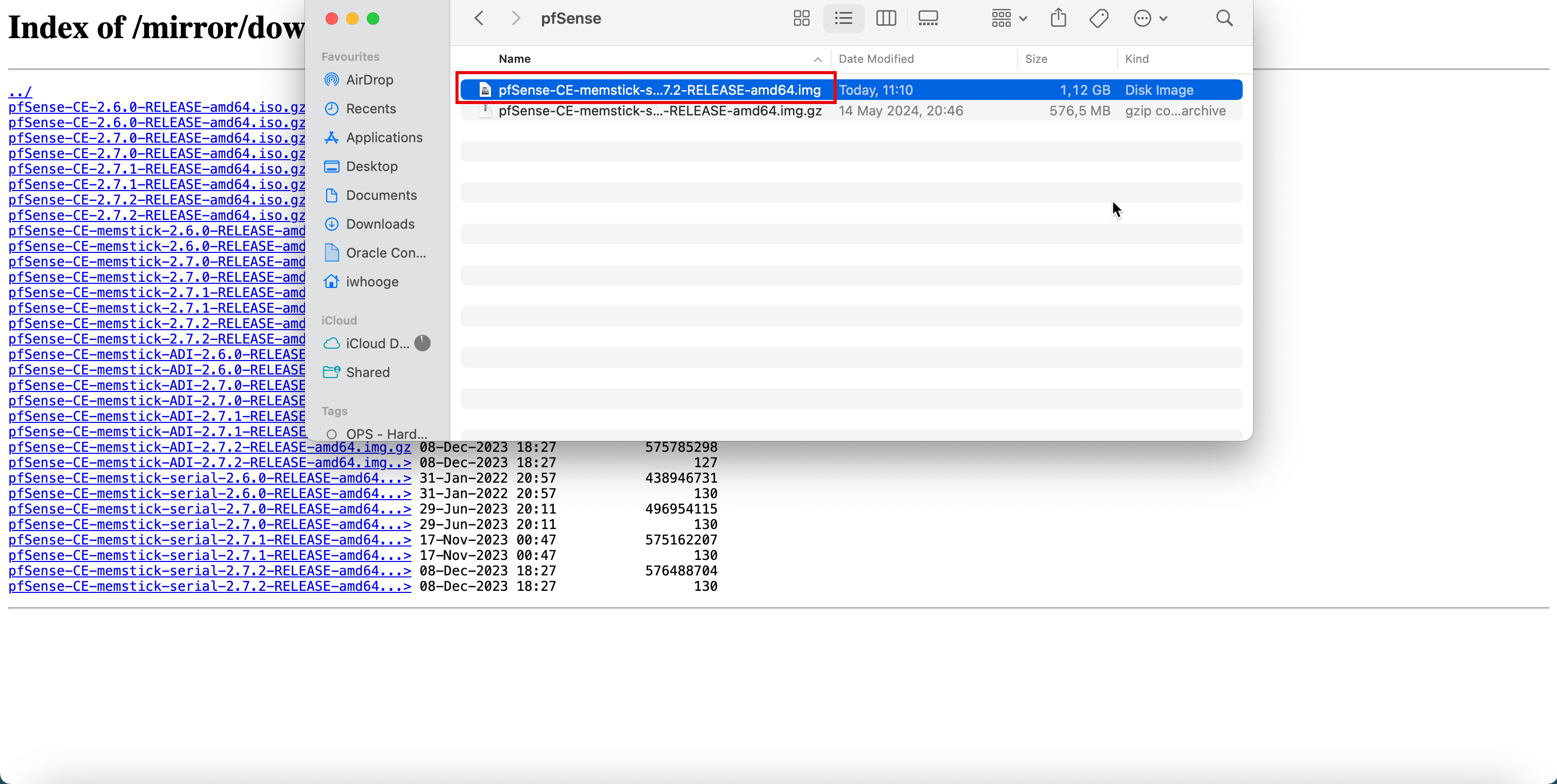

- 이미지는

-

이미지 파일 이름은

pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img입니다.

작업 2: OCI 오브젝트 스토리지 버킷 생성

이 작업에서는 pfSense 이미지를 업로드하고 사용자정의 이미지를 생성하는 데 사용할 OCI Object Storage 버킷을 생성합니다.

-

스토리지 버킷을 생성합니다.

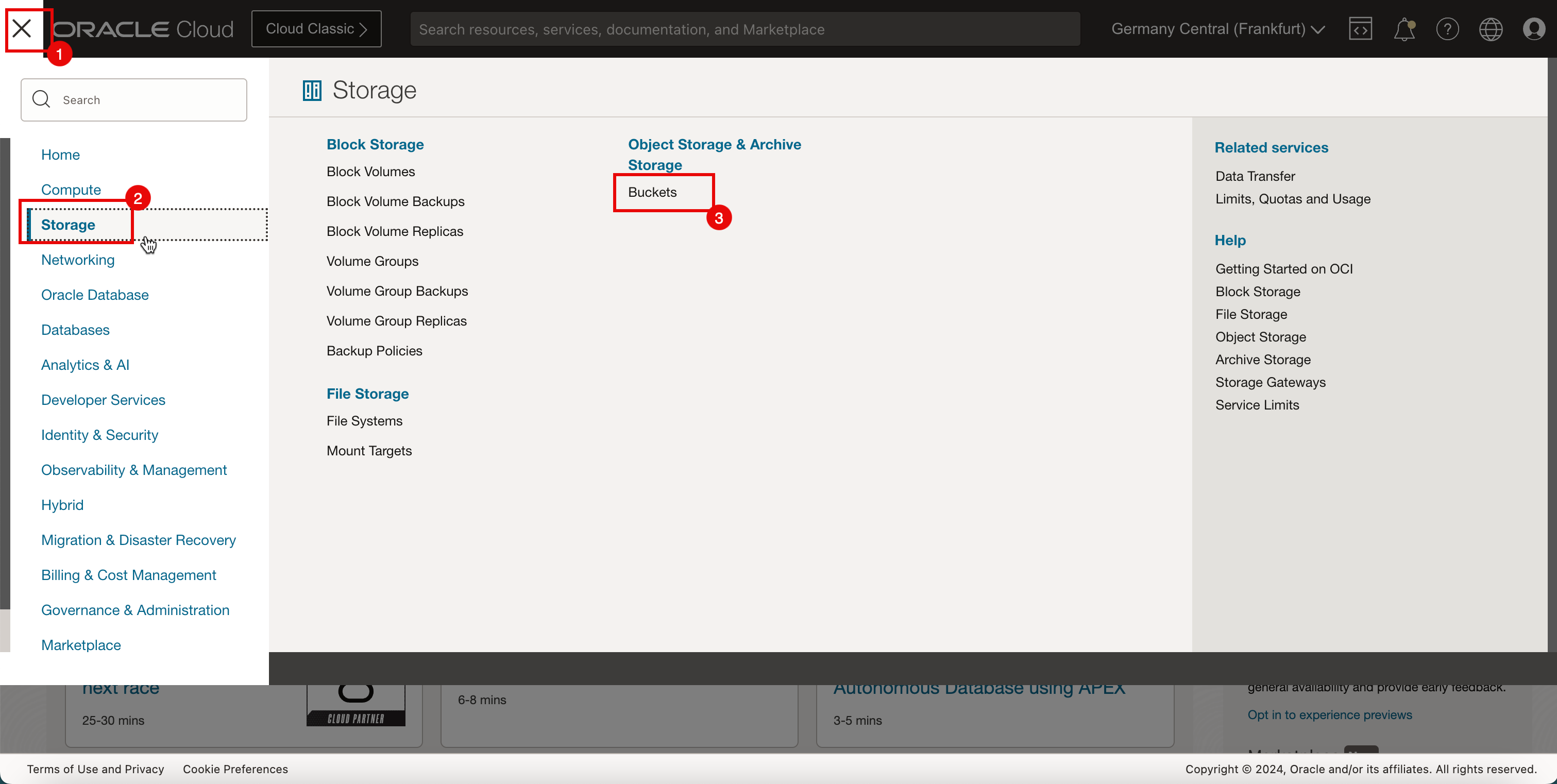

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- Storage를 누릅니다.

- 버킷을 누릅니다.

-

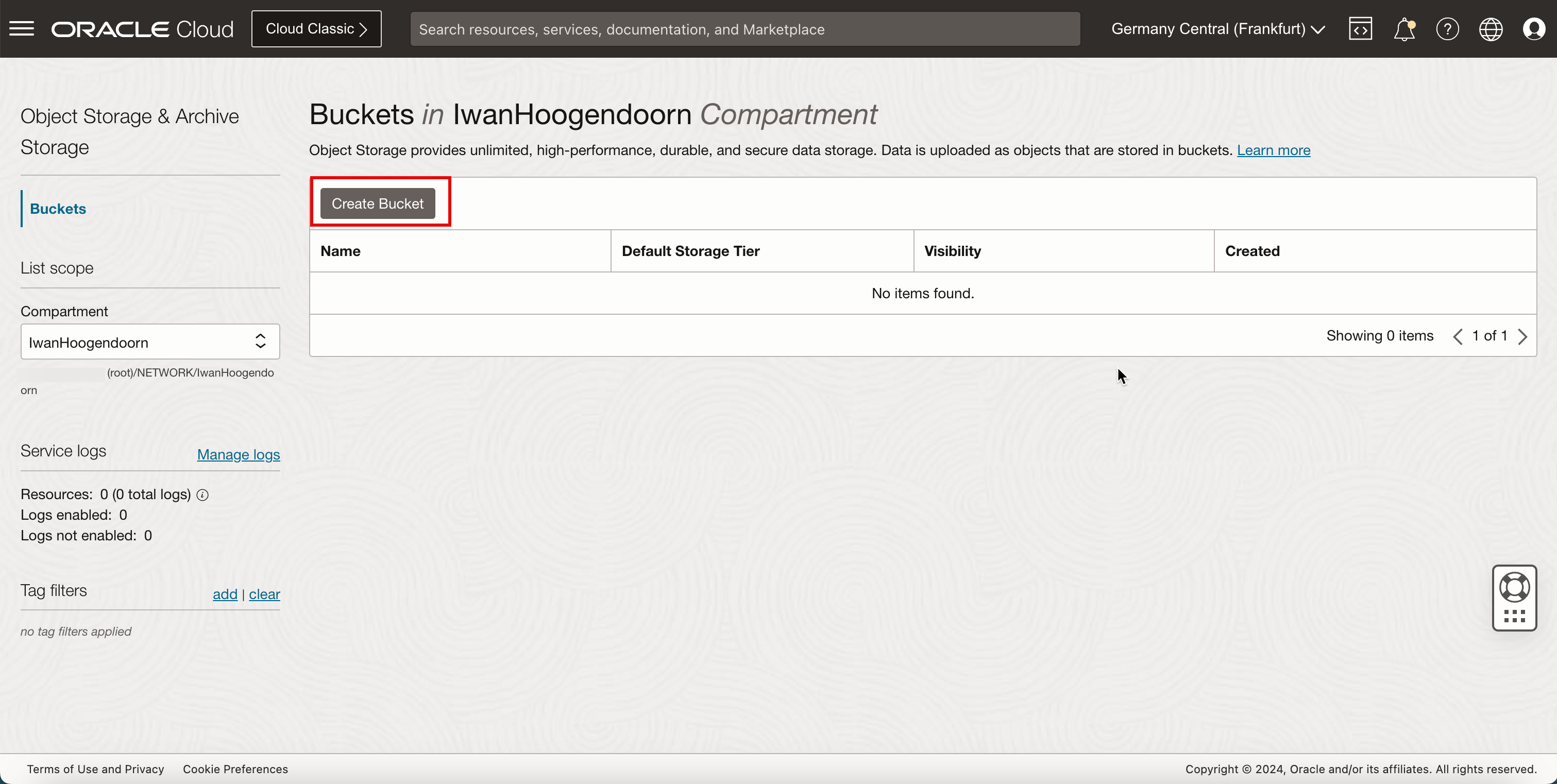

버킷 생성을 누릅니다.

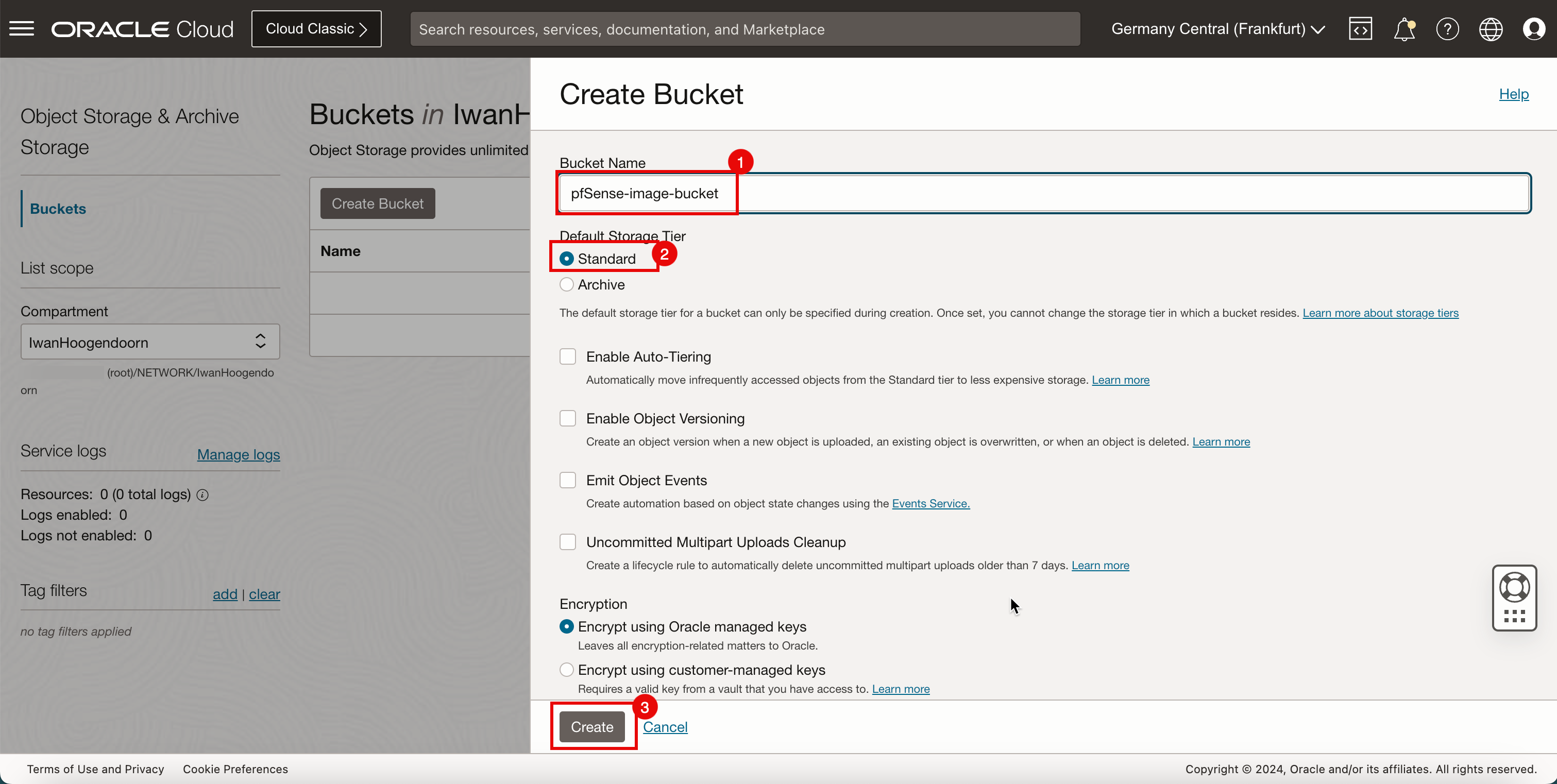

- 버킷 이름을 입력합니다.

- 표준 스토리지 계층을 기본 스토리지 계층으로 선택합니다.

- Create를 누릅니다.

-

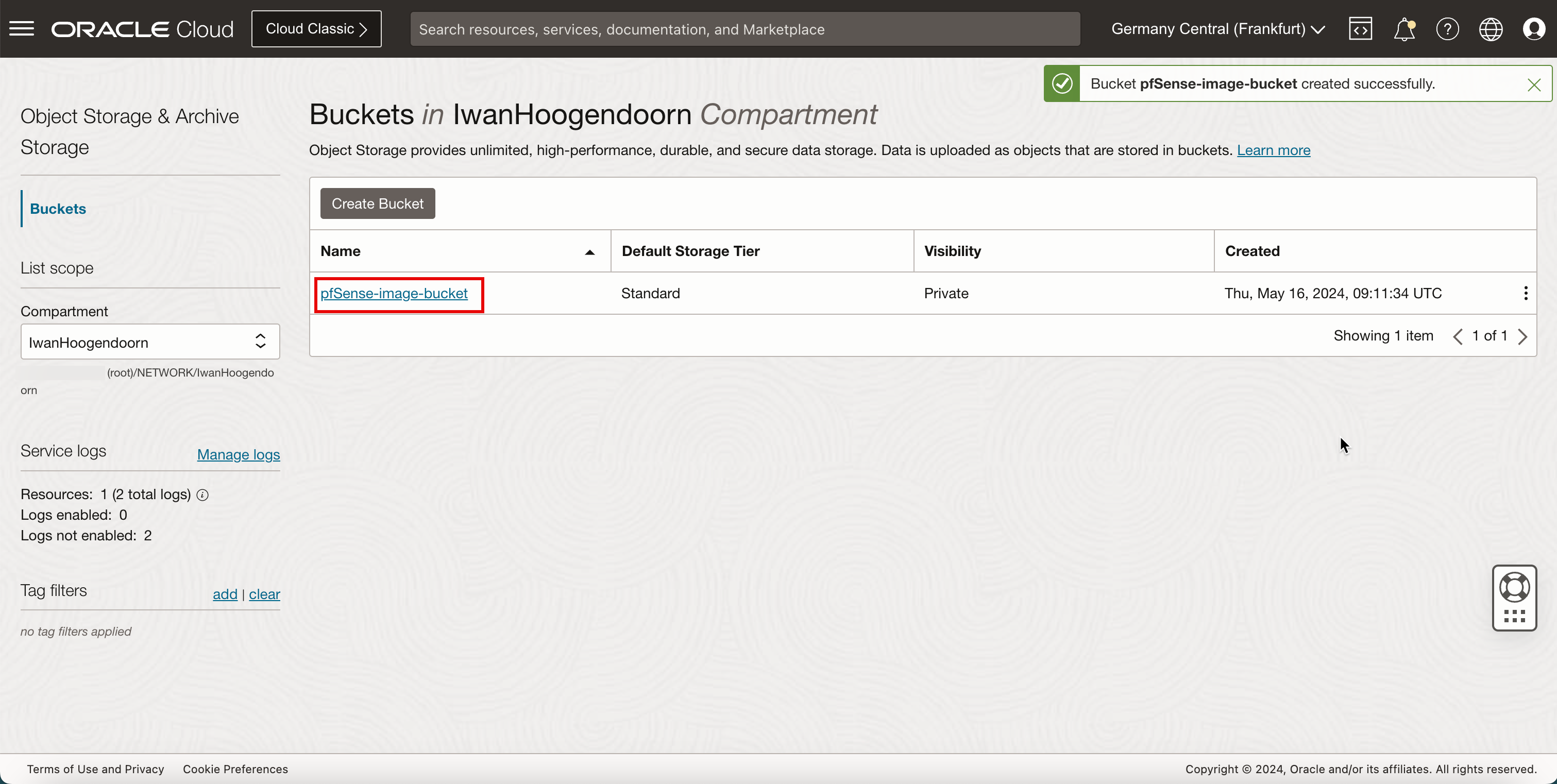

스토리지 버킷이 생성됩니다.

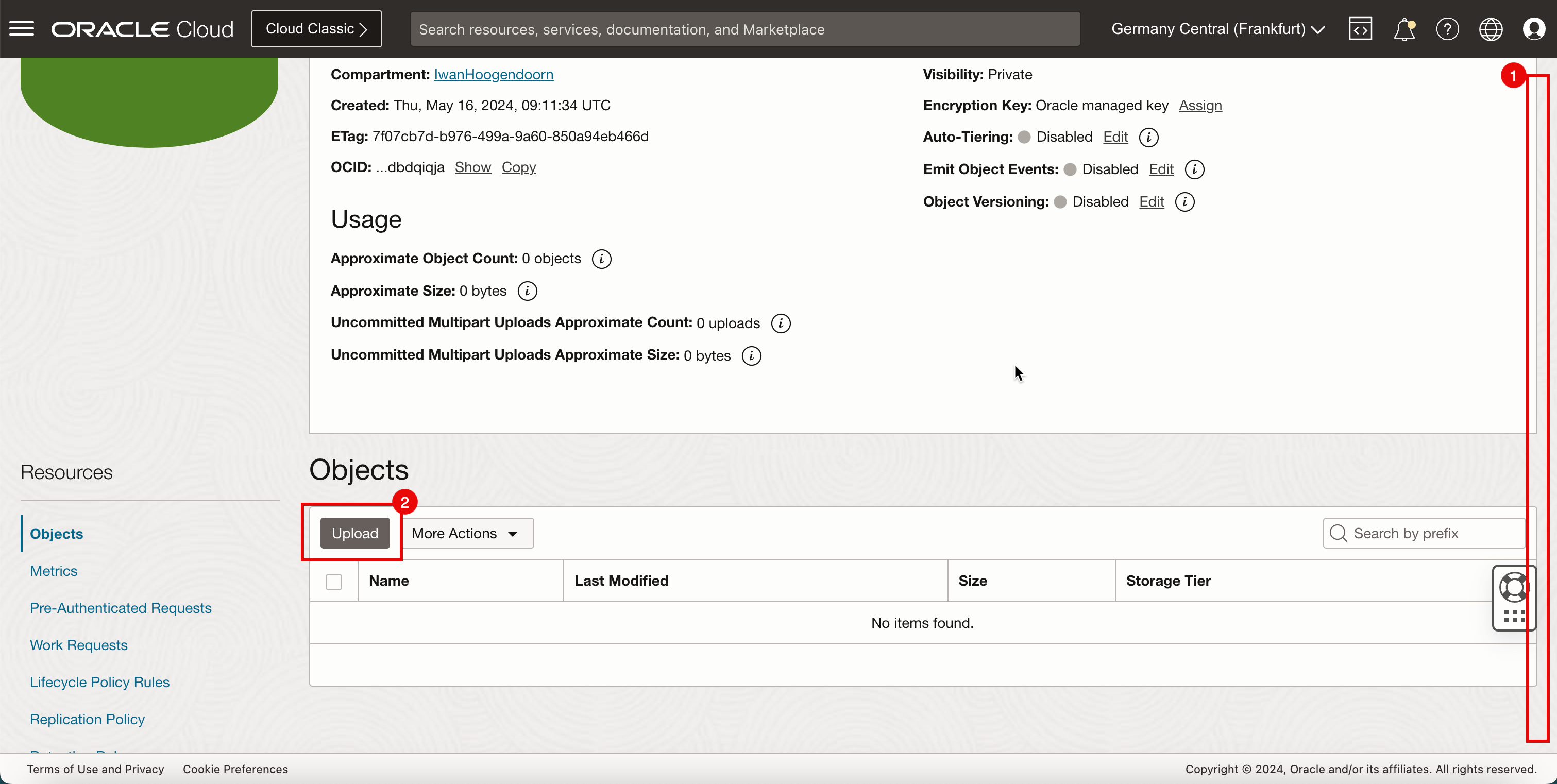

작업 3: pfSense 이미지를 스토리지 버킷에 업로드

-

작업 1에서 다운로드한 이미지를 업로드합니다.

- 아래로.

- 업로드를 누릅니다.

-

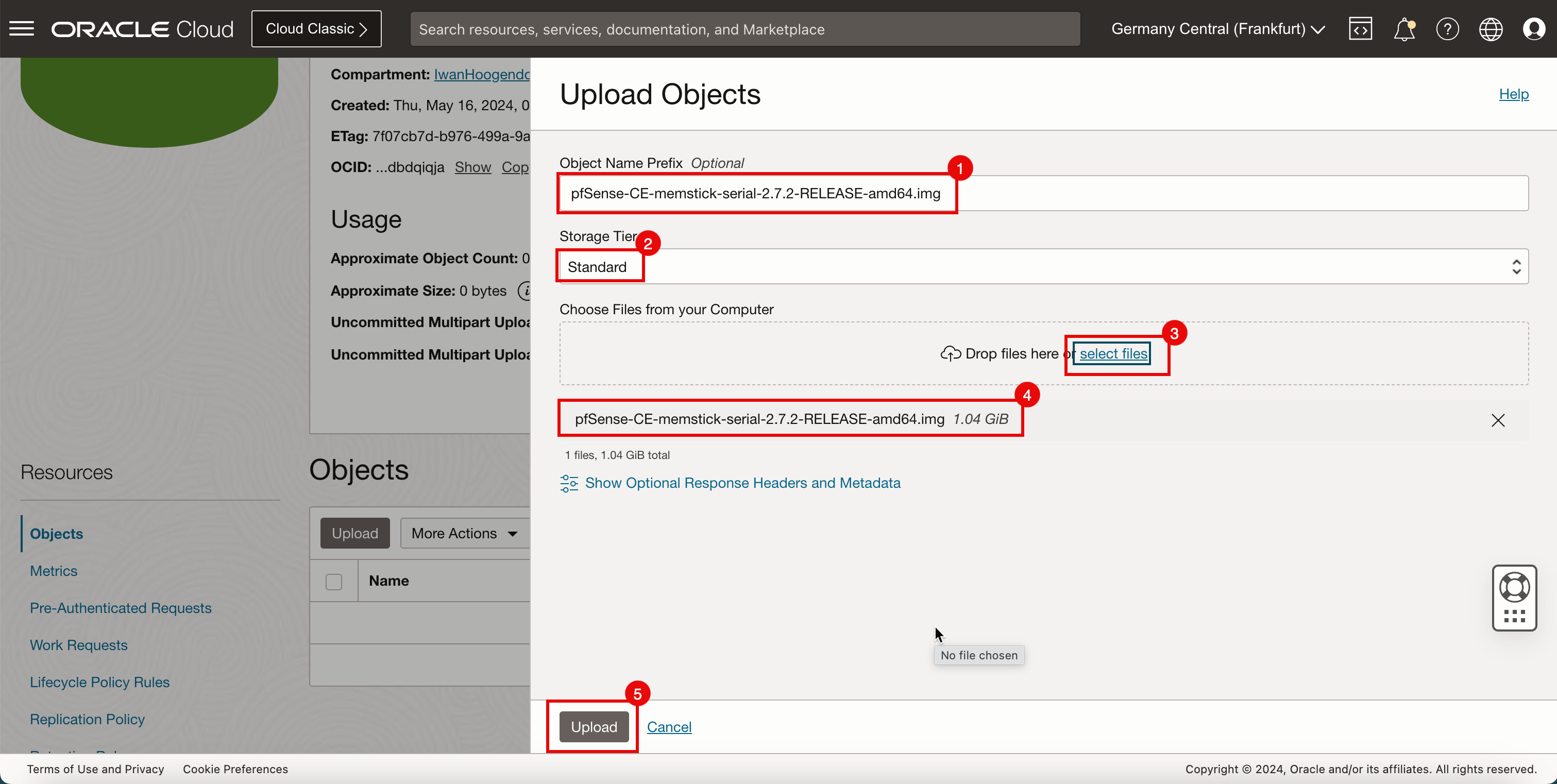

객체 업로드 화면에서 다음 정보를 입력합니다.

- 객체 이름 접두어를 입력합니다.

- Storage Tier로 Standard를 선택합니다.

- 파일 선택을 누르고 pfSense 이미지를 선택합니다.

- pfSense 이미지를 선택한 경우 다음 섹션에 표시됩니다.

- 업로드를 누릅니다.

-

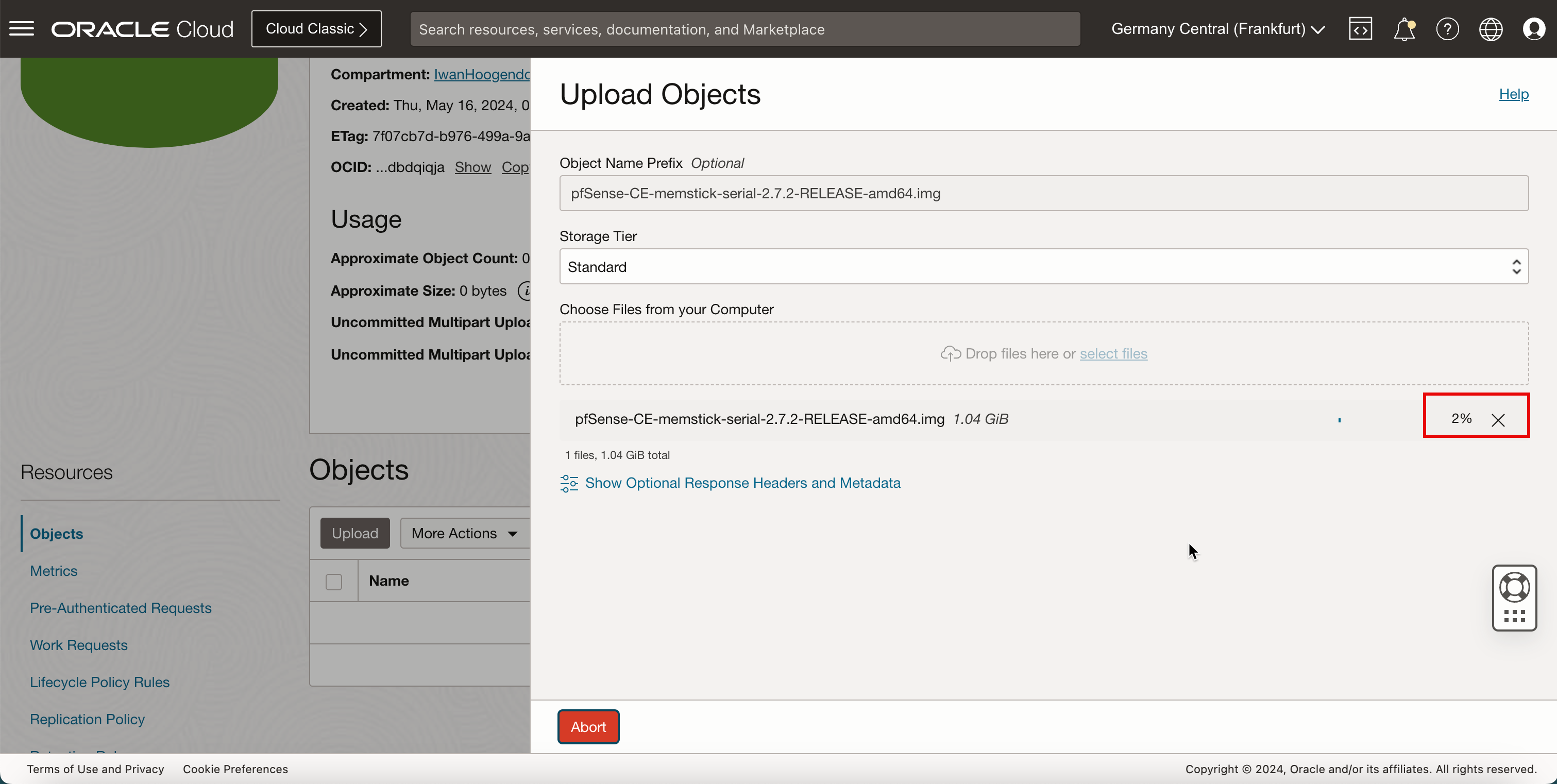

pfSense 이미지가 스토리지 버킷에 업로드되는 동안 진행률을 모니터할 수 있습니다.

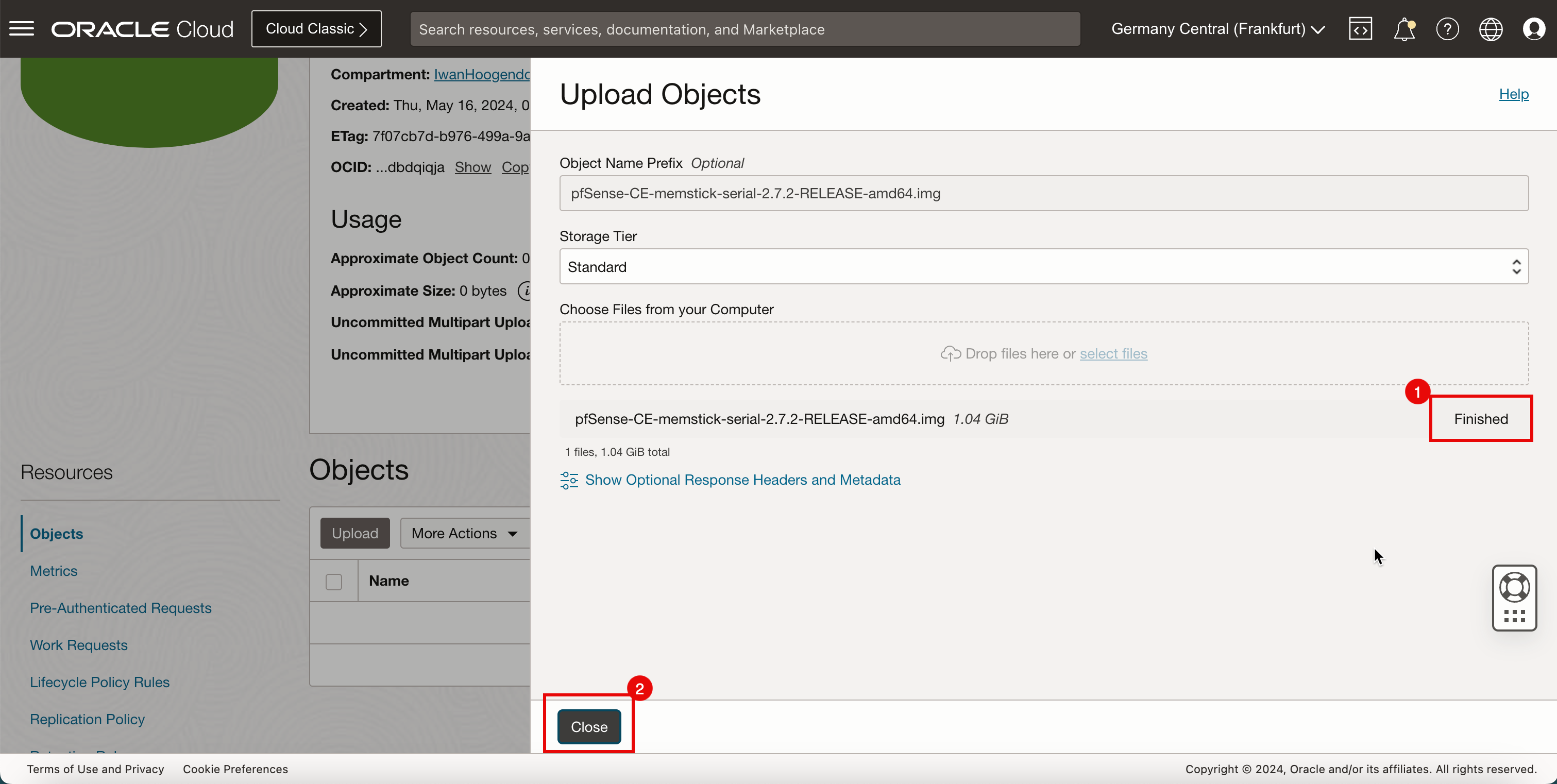

- pfSense 이미지가 완전히 업로드되면 진행 상태는 완료됨이 됩니다.

- 닫기를 누르면

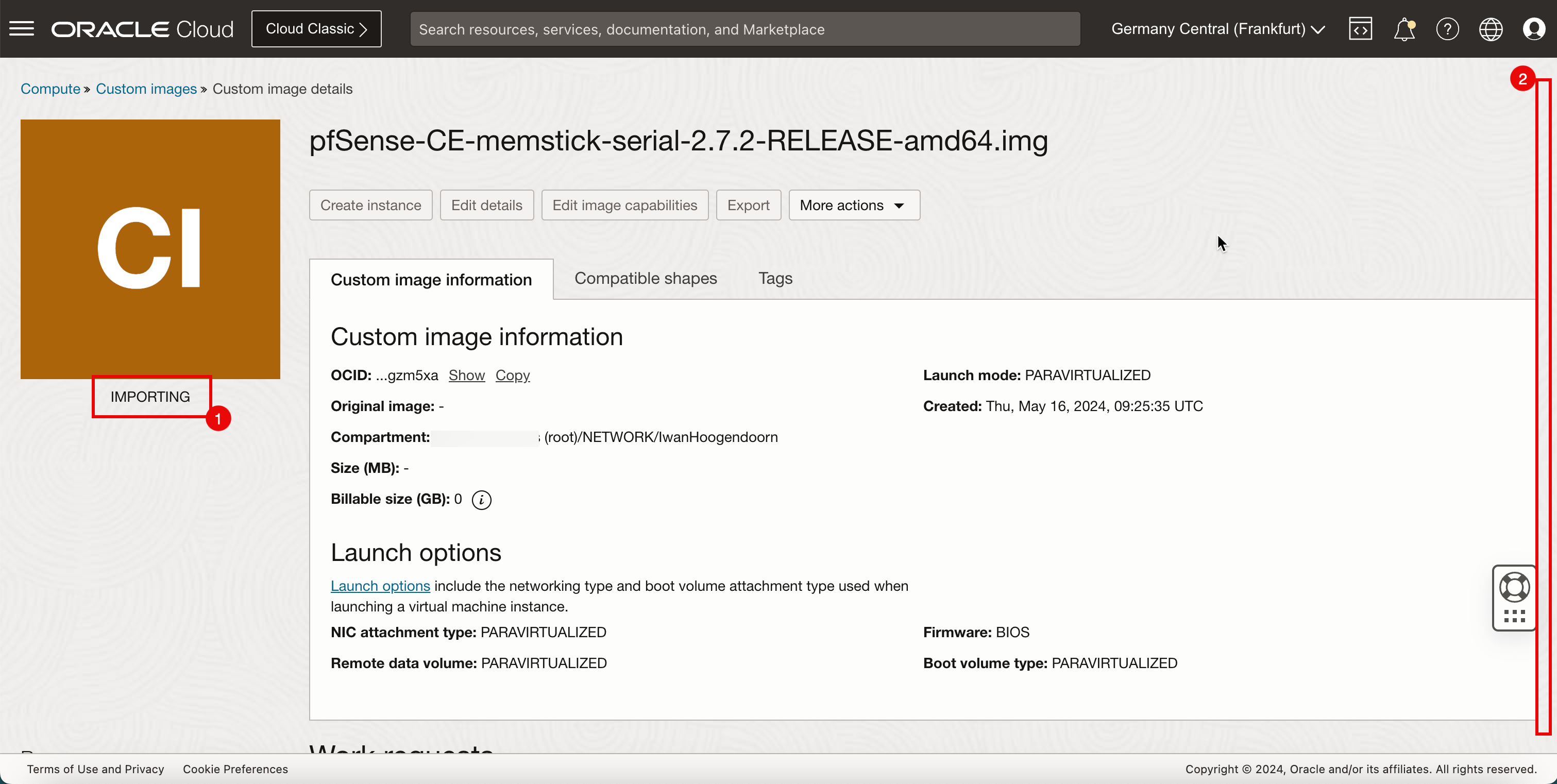

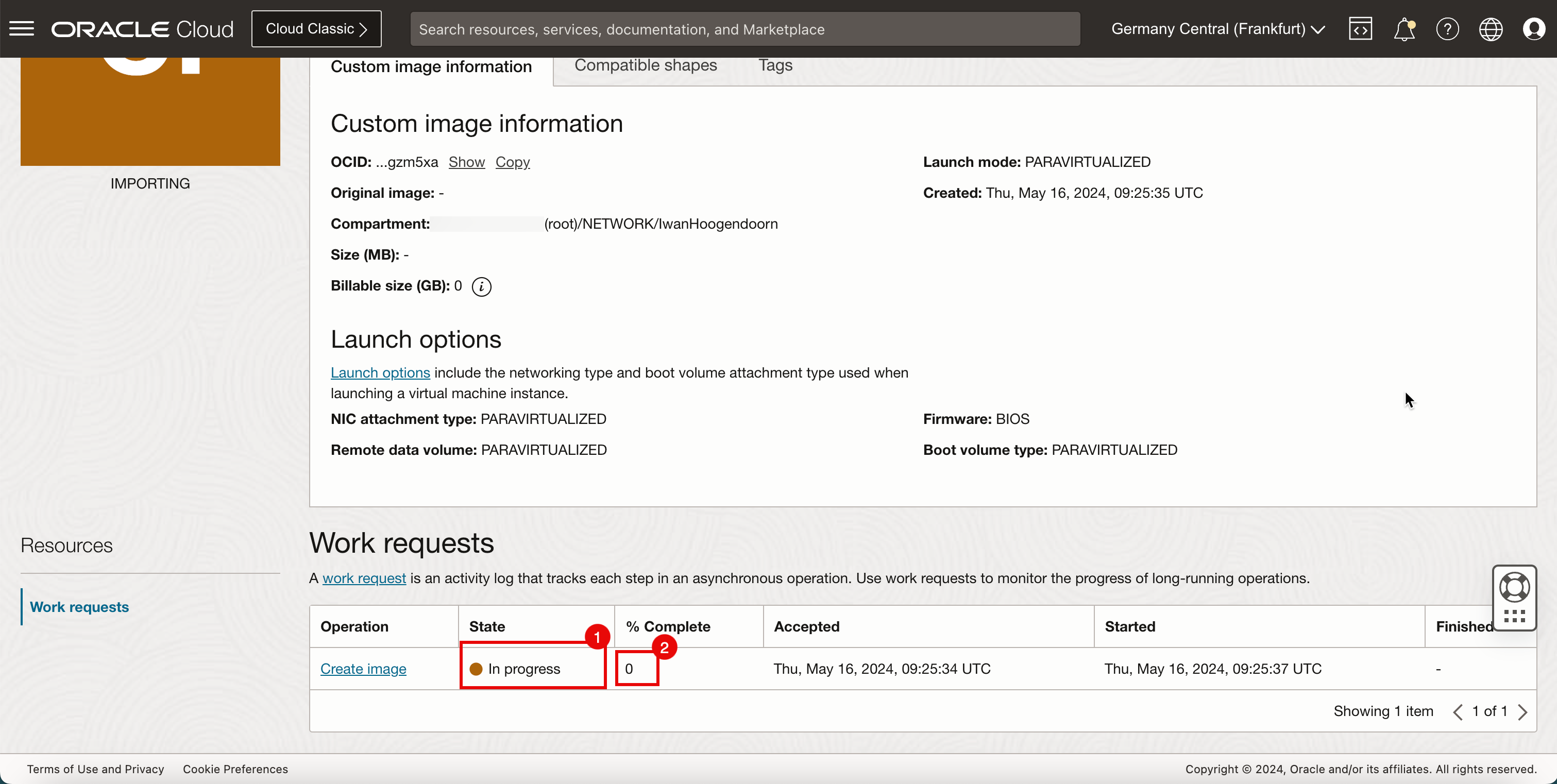

작업 4: 사용자 정의 이미지 만들기

pfSense 이미지를 업로드했습니다. 이제 업로드된 이 이미지에서 사용자정의 OCI 이미지를 생성해야 합니다. 이 사용자정의 OCI 이미지는 pfSense 방화벽 인스턴스를 생성하는 데 사용됩니다.

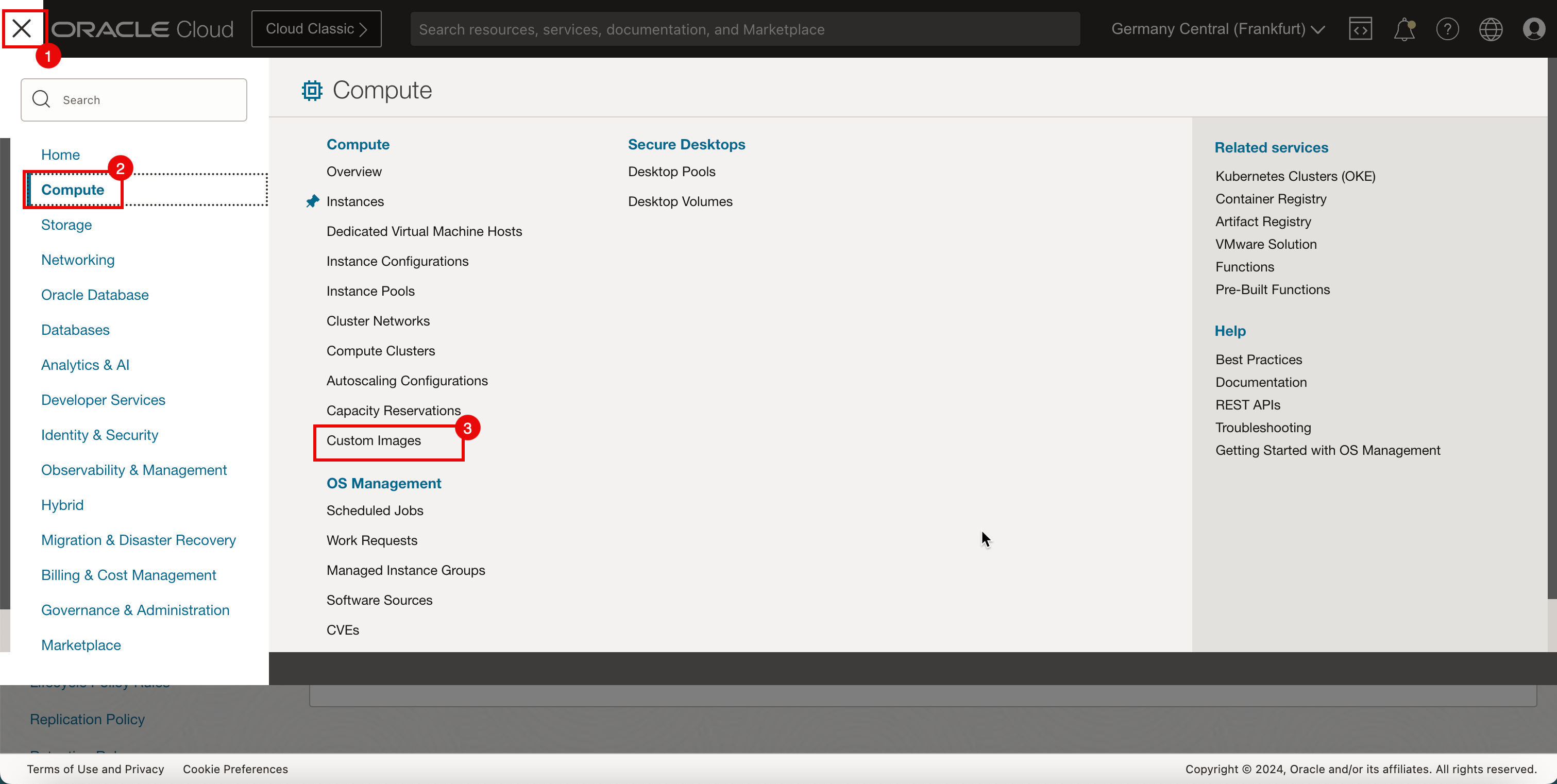

-

사용자정의 이미지 생성.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 계산을 누릅니다.

- 사용자 정의 이미지를 누릅니다.

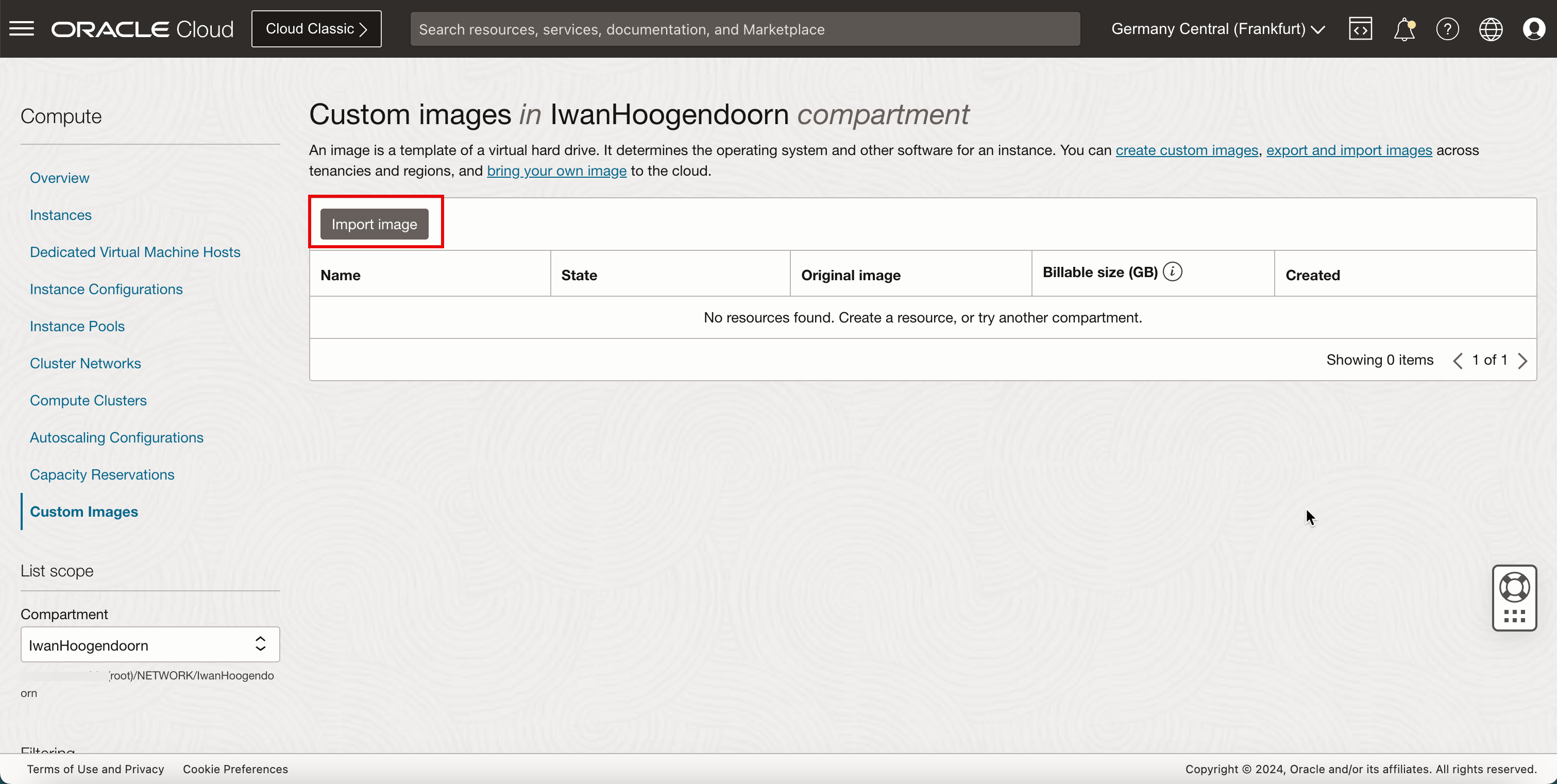

-

이미지 임포트를 누릅니다.

-

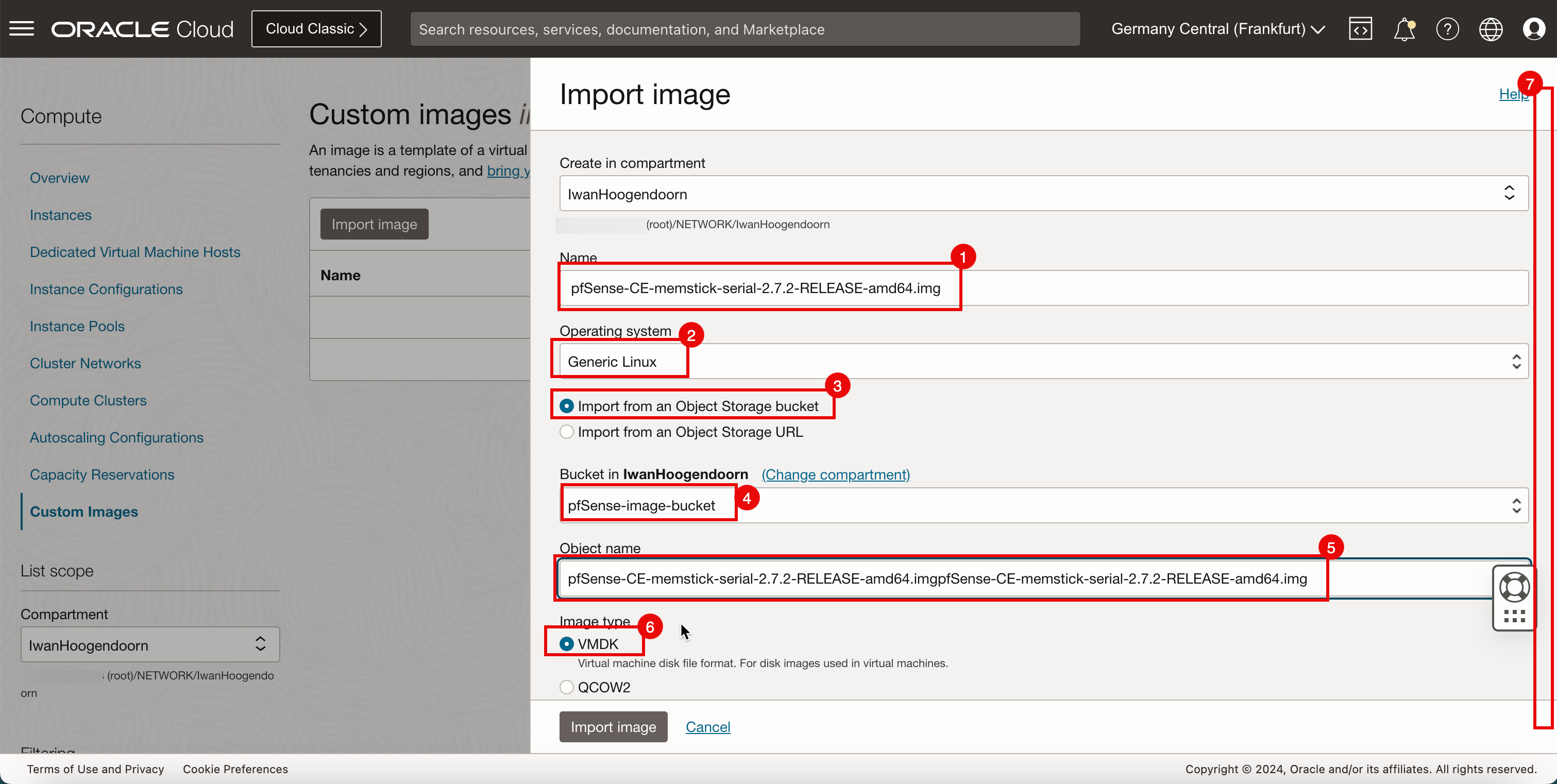

이미지 임포트 섹션에서 다음 정보를 입력합니다.

- name을 입력합니다.

- Generic Linux를 Operating system으로 선택합니다.

- Object Storage 버킷에서 임포트를 선택합니다.

- 이미지를 업로드한 스토리지 버킷을 선택합니다.

- 객체 이름에서 pfSense 이미지를 선택합니다.

- VMDK를 이미지 유형으로 선택합니다.

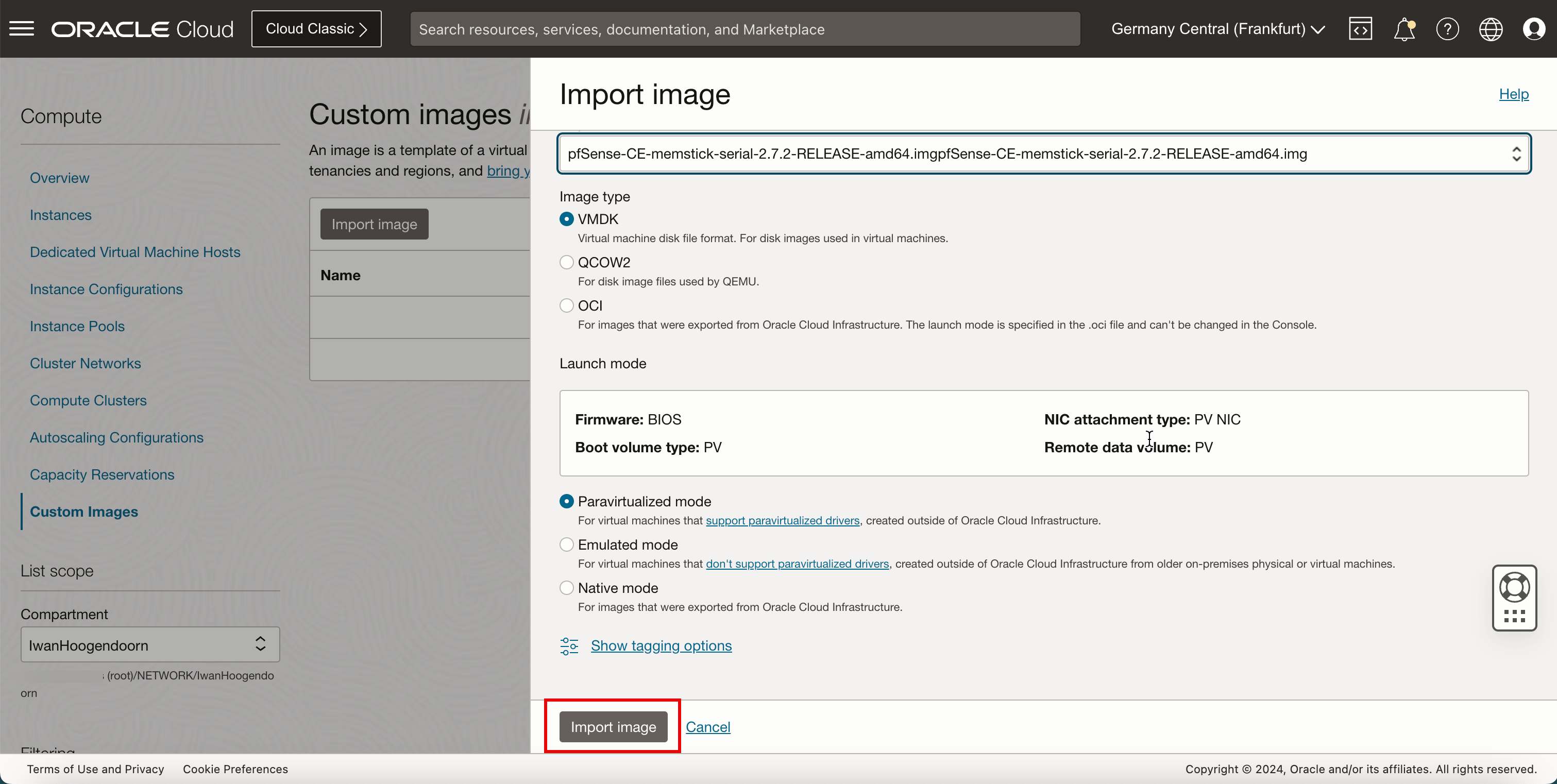

- 아래로.

-

다른 필드는 기본값으로 유지하고 이미지 임포트를 누릅니다.

- 상태가 IMPORTING입니다.

- 아래로.

- 상태가 In progress입니다.

- 진행률을 모니터합니다.

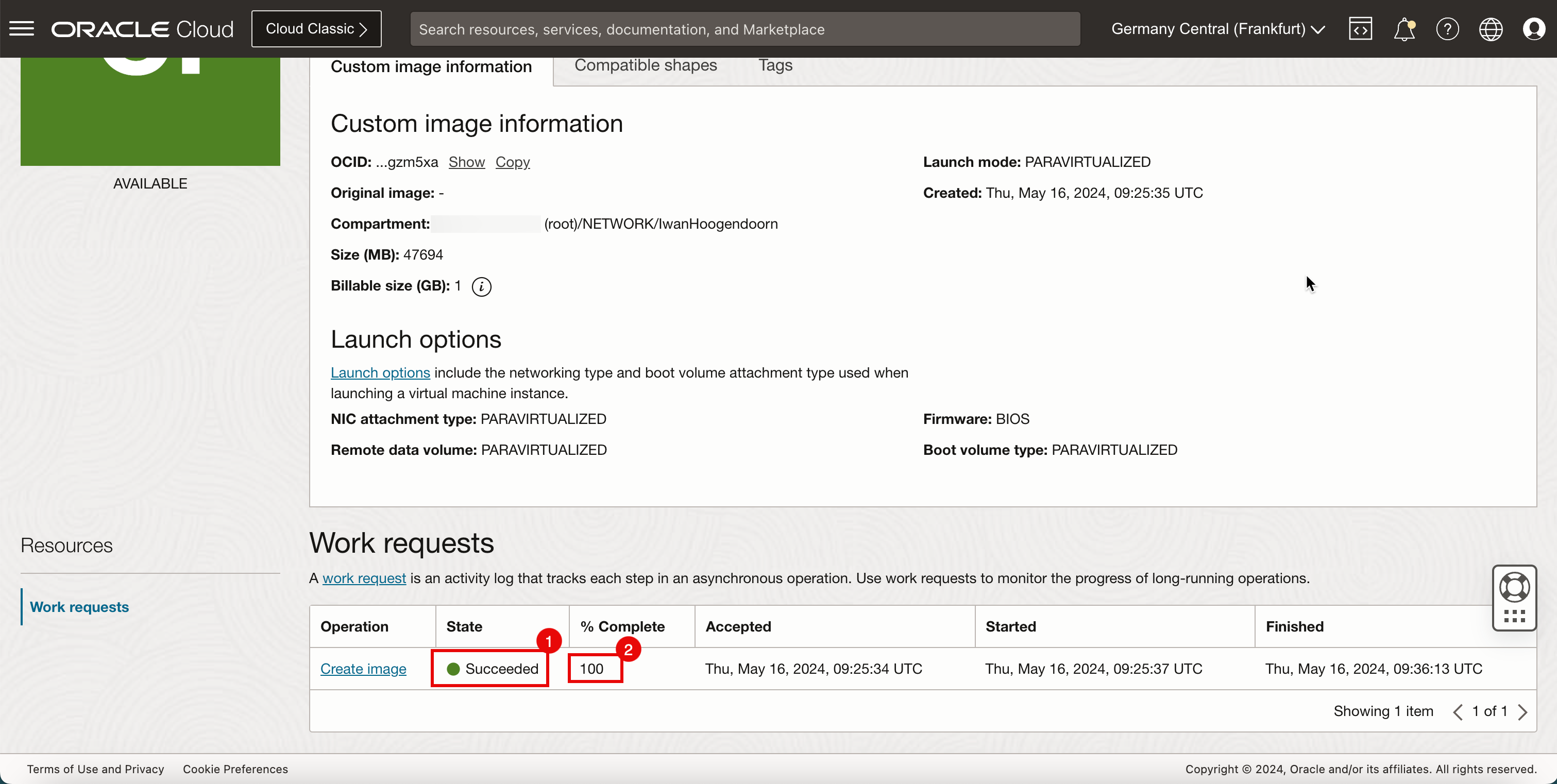

- 몇 분 후 상태가 AVAILABLE이면 상태가 Succeeded로 변경됩니다.

- % 완료는 100%가 됩니다.

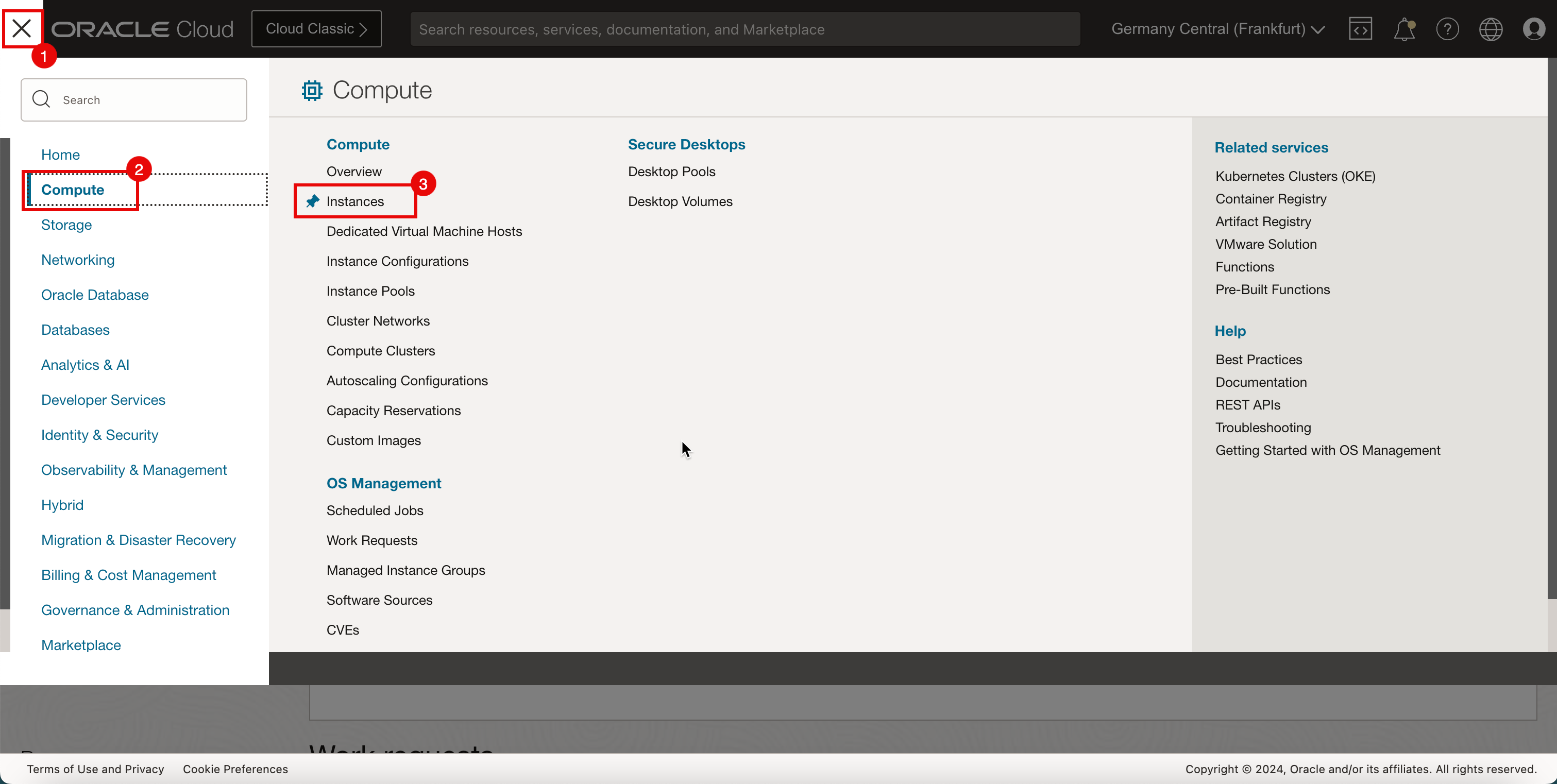

작업 5: 사용자정의 pfSense 이미지로 인스턴스 생성

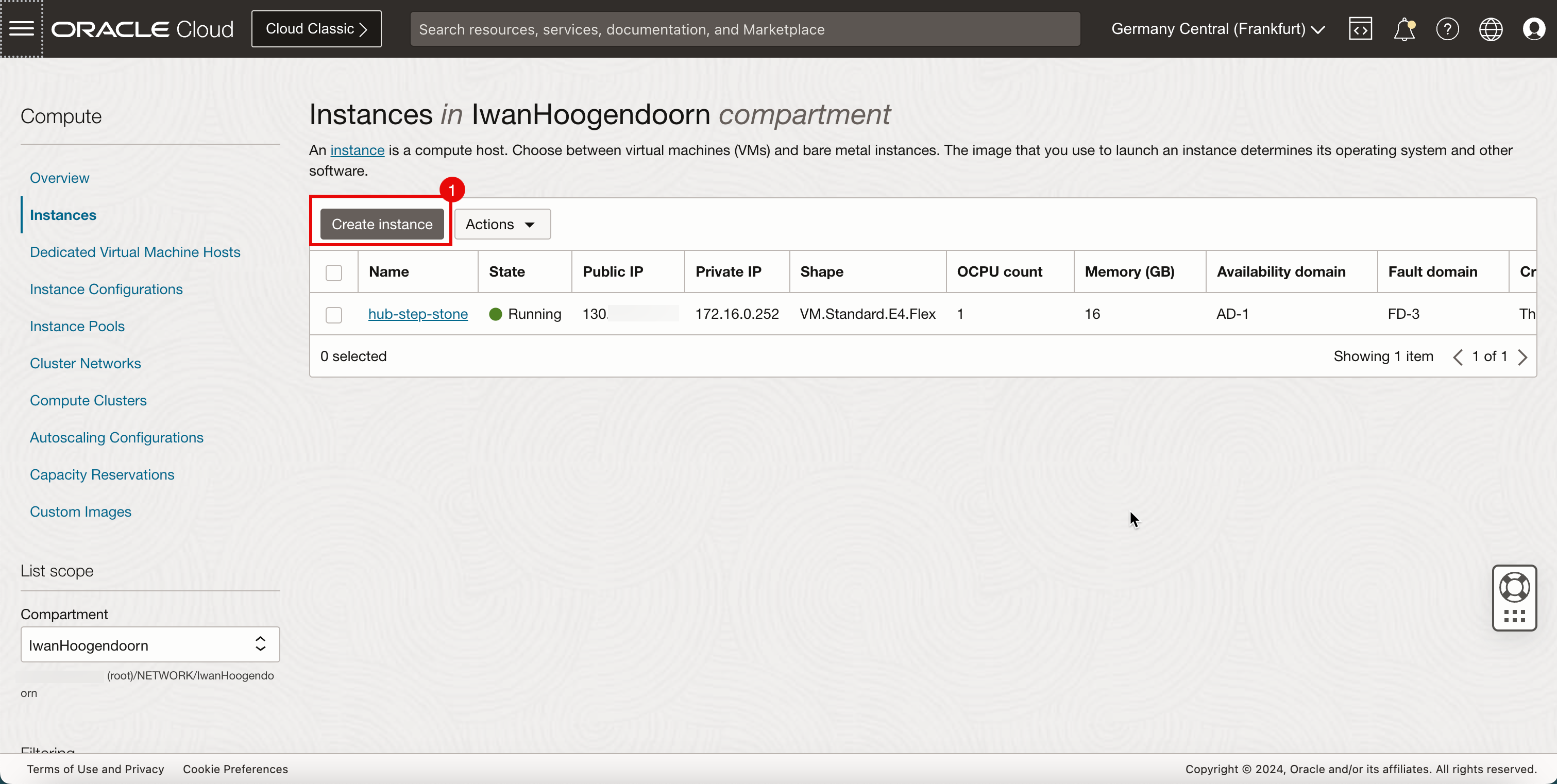

-

인스턴스 생성.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 계산을 누릅니다.

- 인스턴스를 누릅니다.

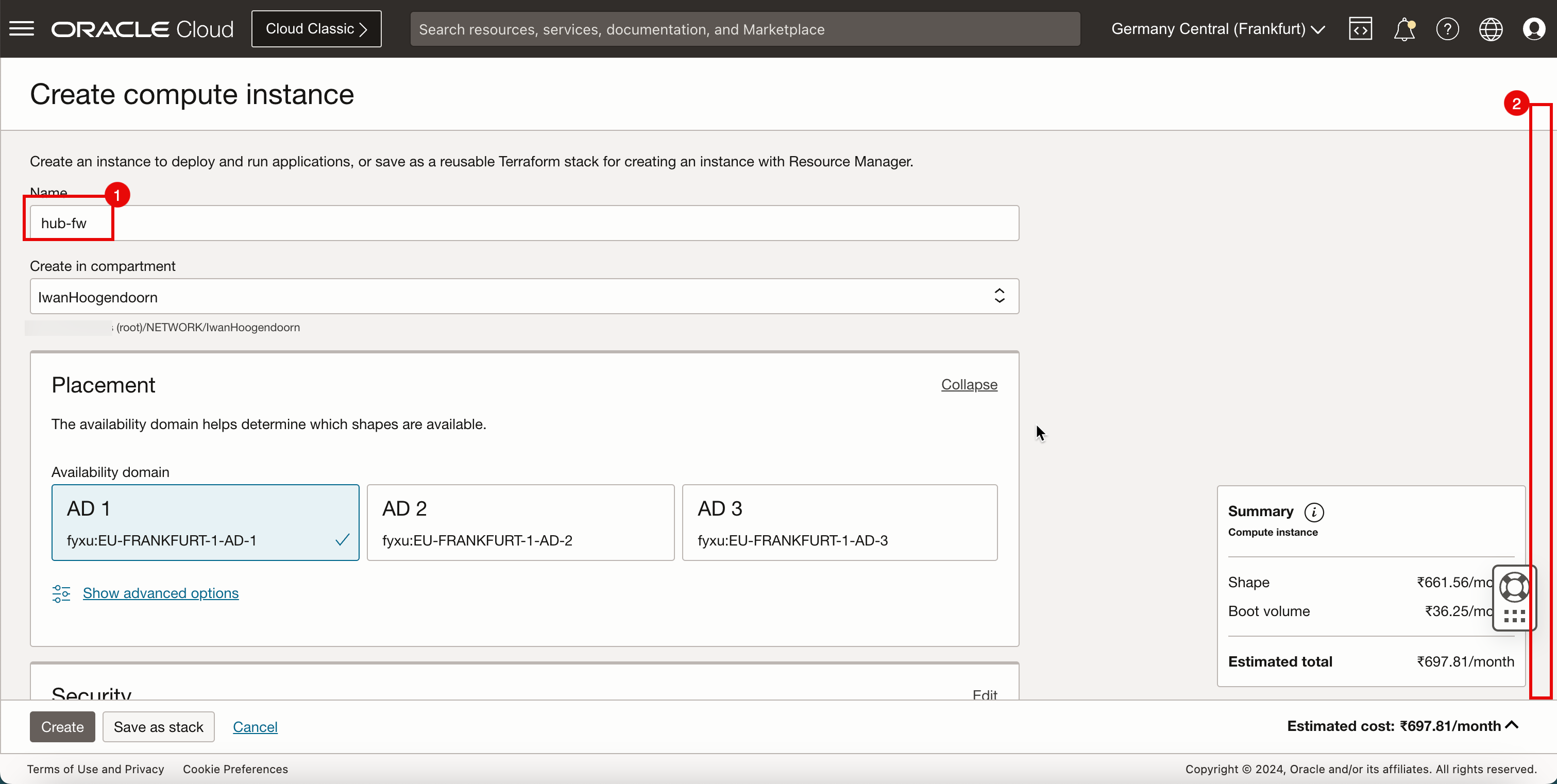

- 인스턴스 생성을 누릅니다.

- 인스턴스 이름을 입력합니다.

- 아래로.

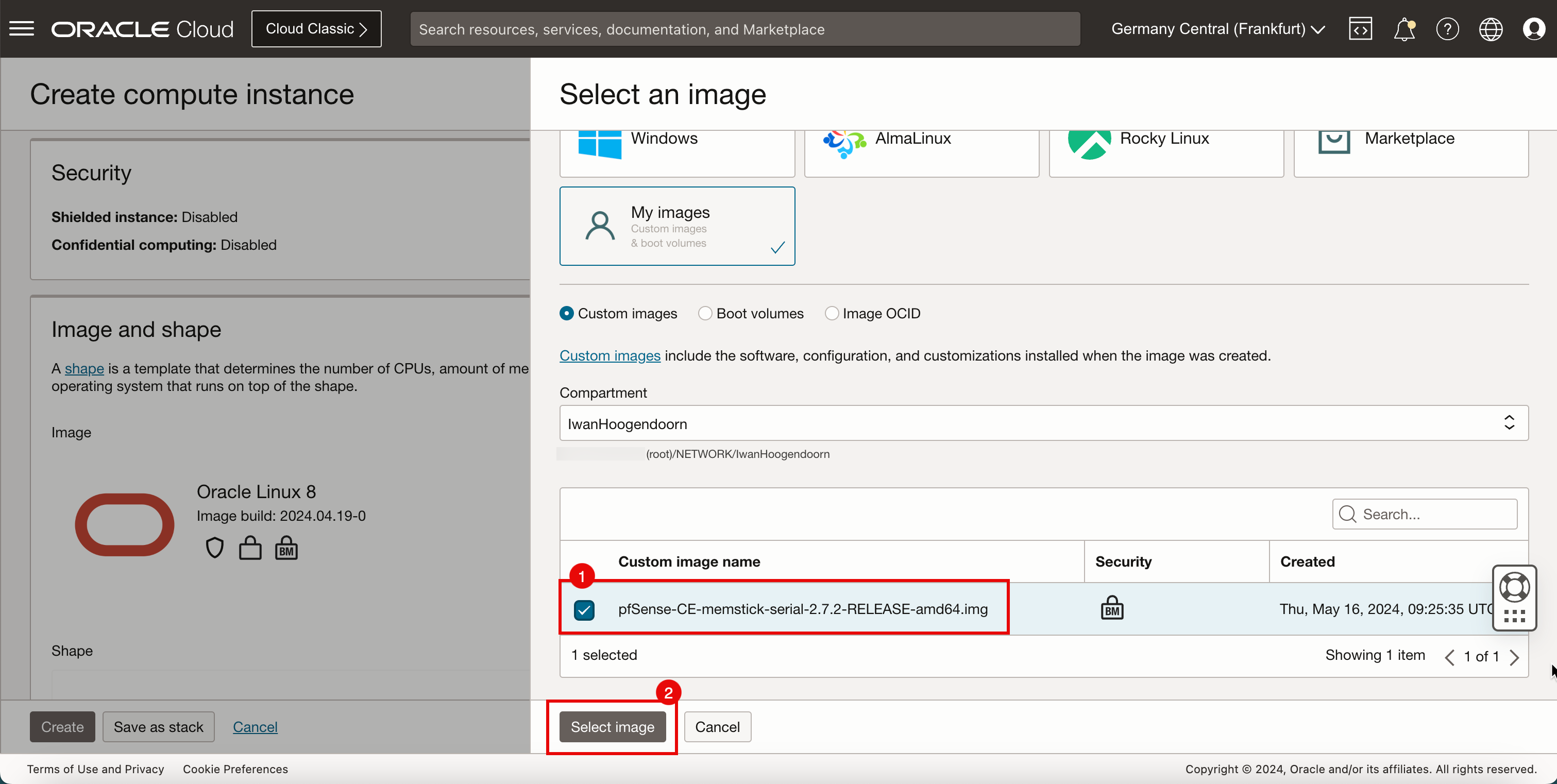

-

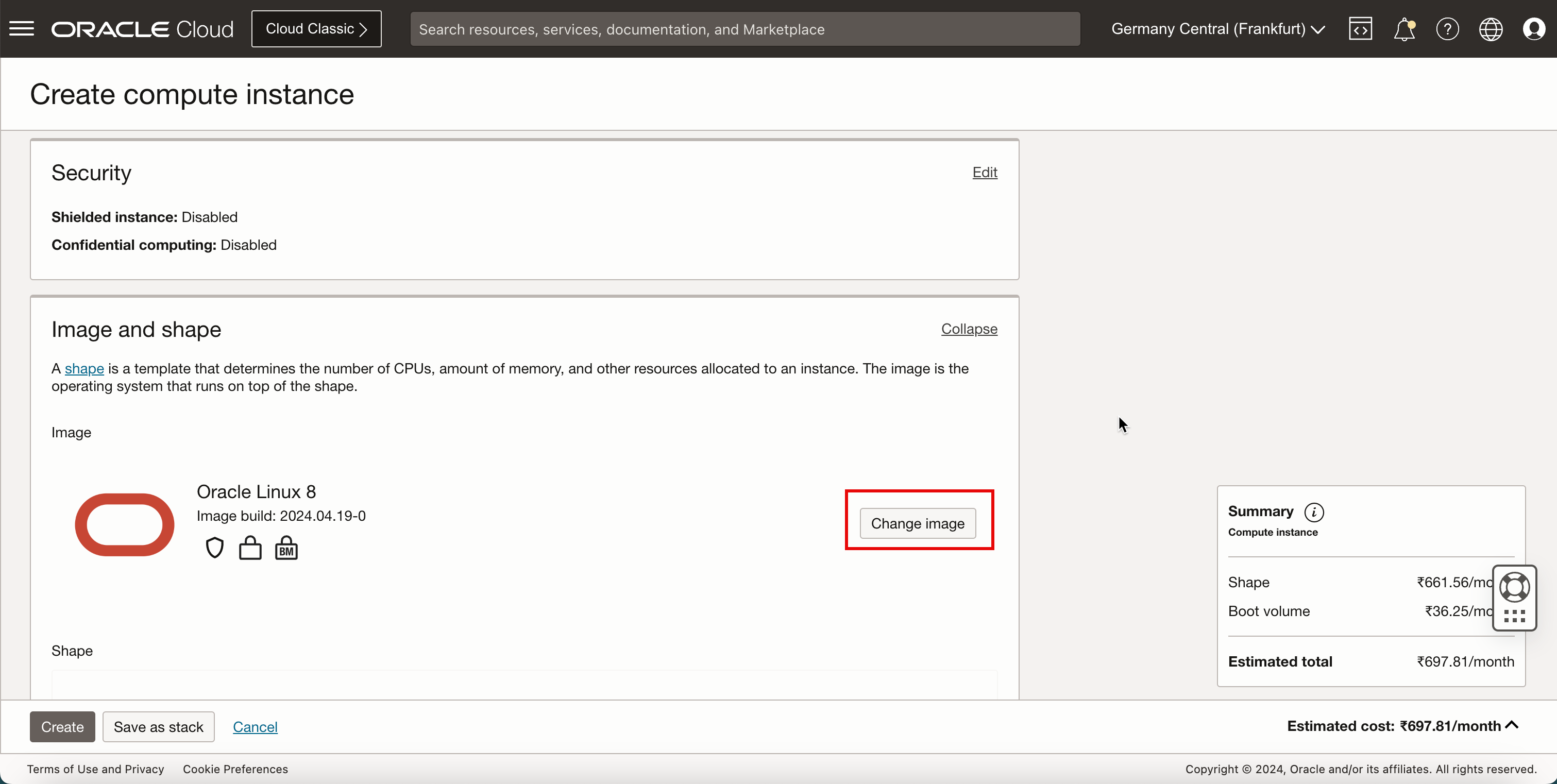

이미지 변경을 누릅니다.

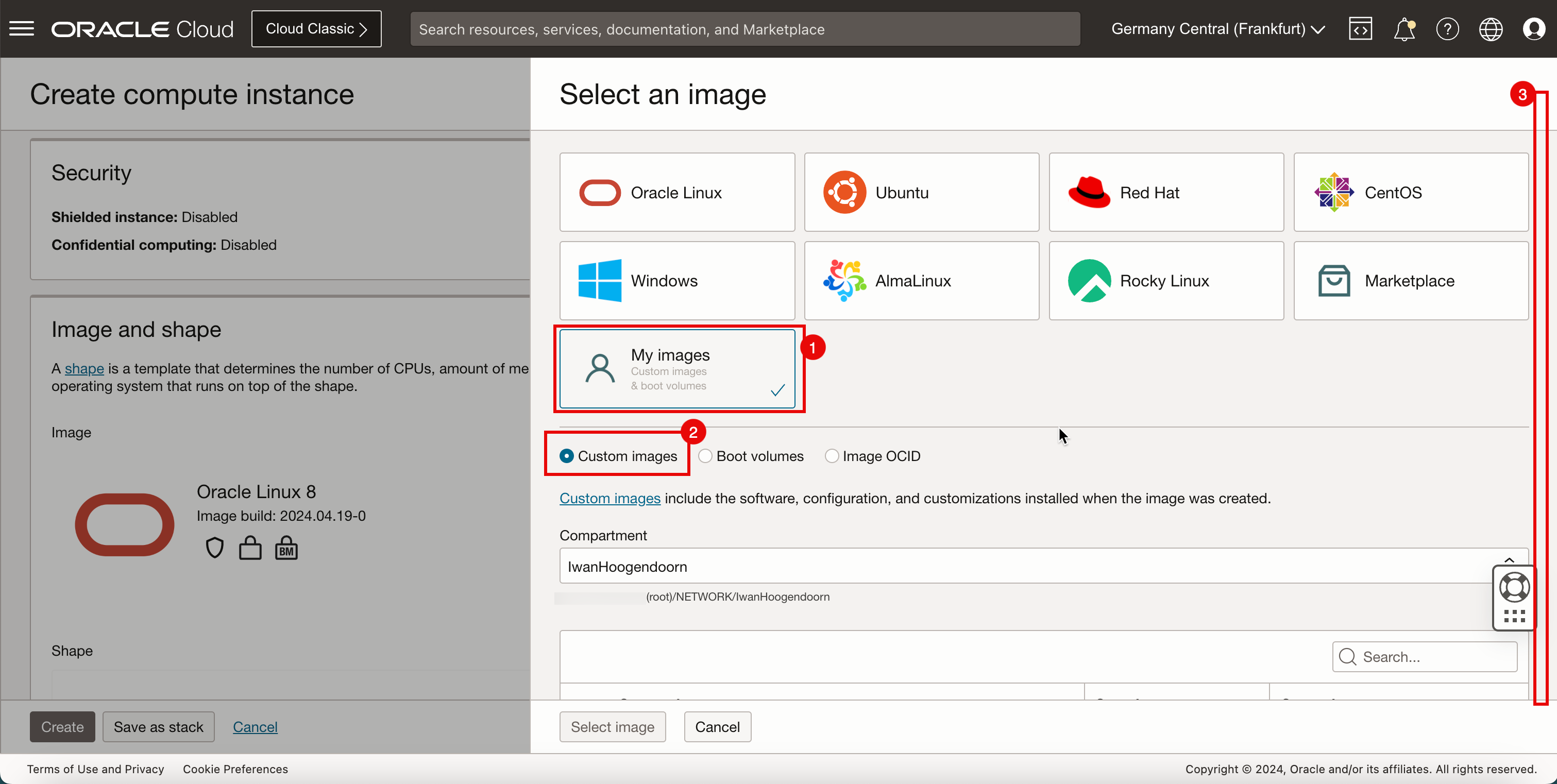

- 내 이미지를 선택합니다.

- 사용자정의 이미지를 선택합니다.

- 아래로.

- 작업 4에서 만든 사용자 지정 이미지를 선택합니다.

- 이미지 선택을 누릅니다.

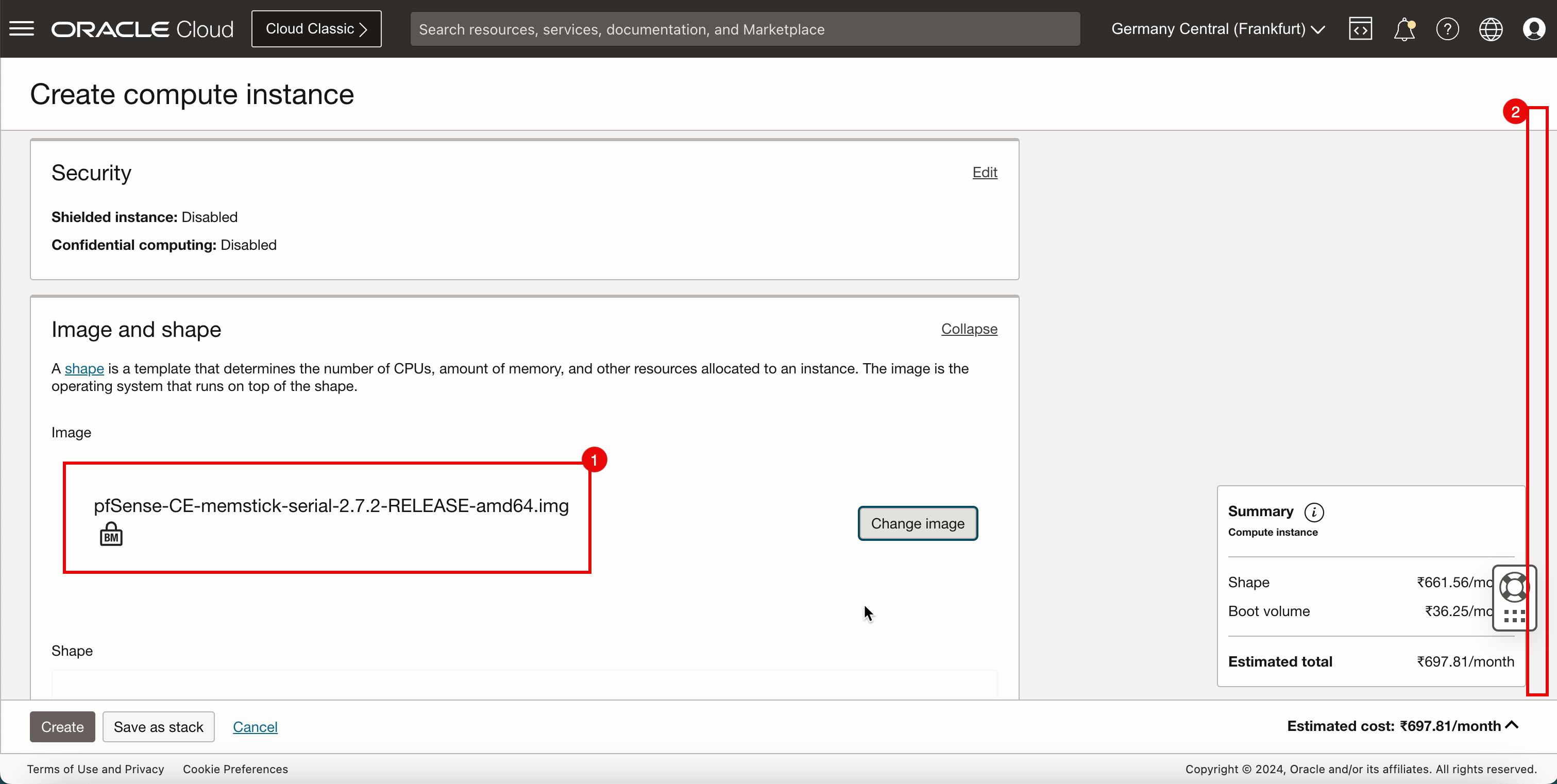

- pfSense 이미지가 선택되었음을 알 수 있습니다.

- 아래로.

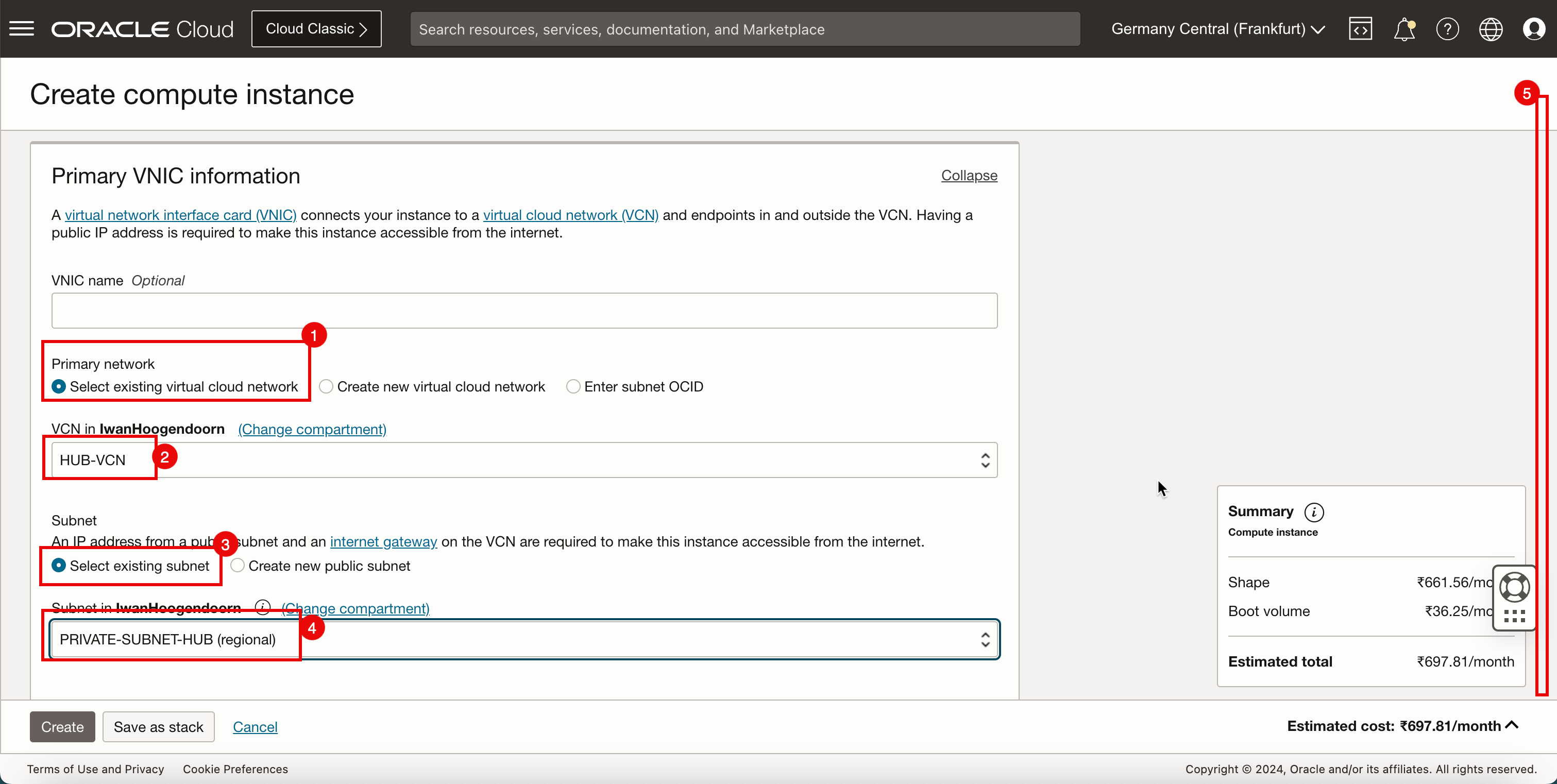

- 기본 네트워크에서 기존 가상 클라우드 네트워크 선택을 선택합니다.

- pfSense 인스턴스에 연결할 VCN을 선택합니다.

- 서브넷에서 기존 서브넷 선택을 선택합니다.

- pfSense 인스턴스에 연결할 서브넷을 선택합니다.

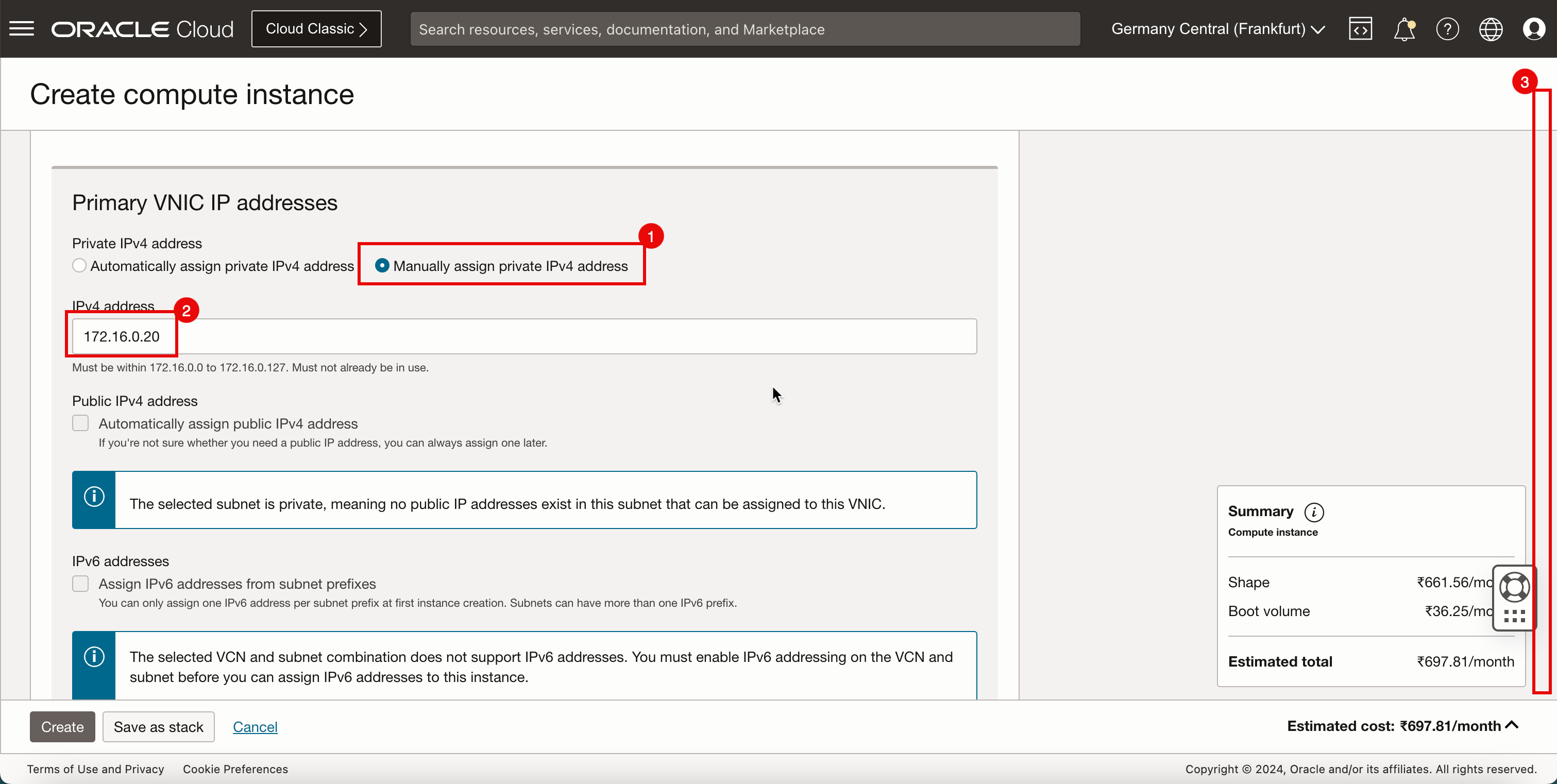

- 아래로.

- 개인 IPv4 주소 수동 지정을 선택합니다.

- IPv4 address를 입력합니다.

- 아래로.

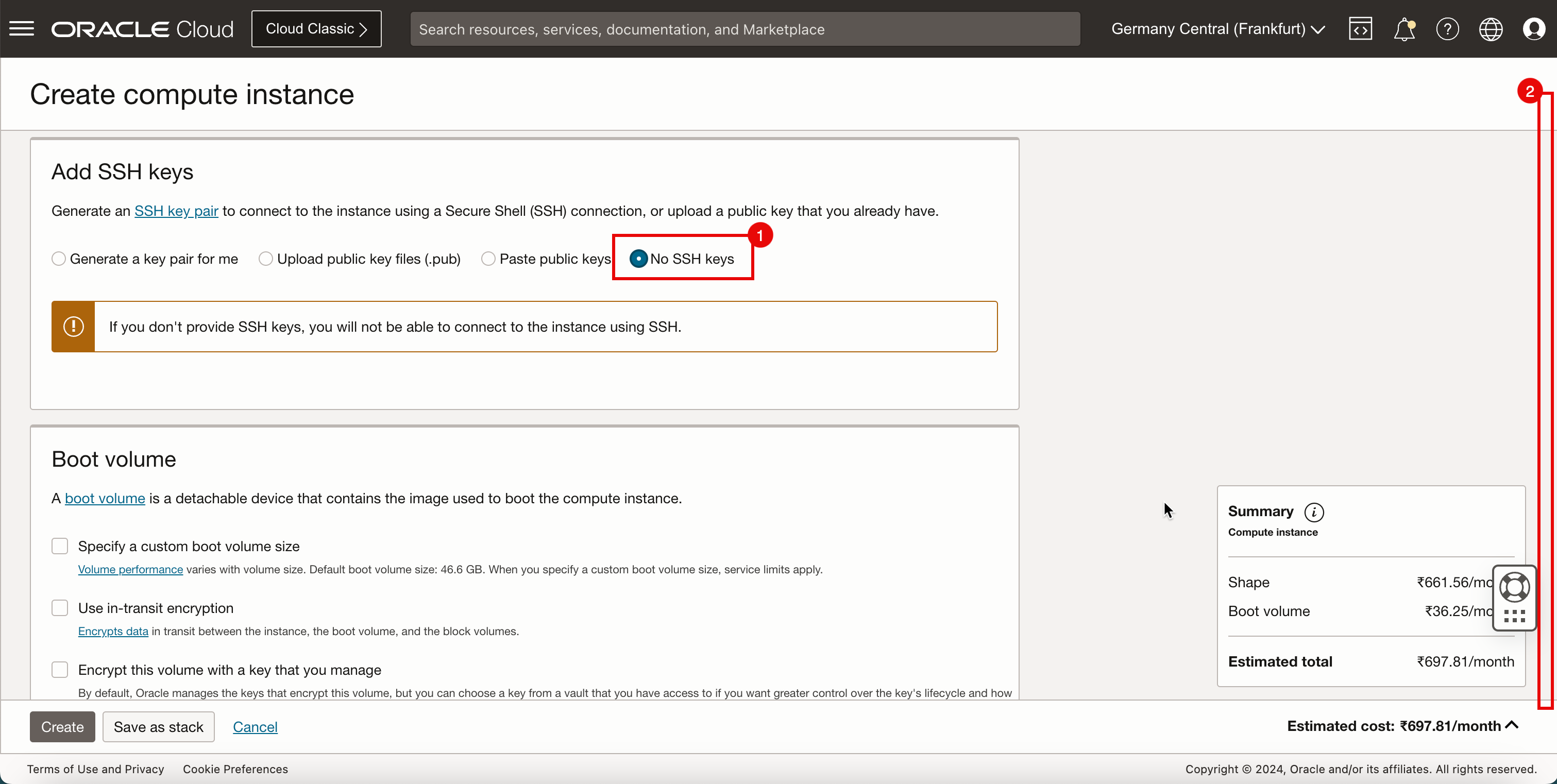

- No SSH Keys를 선택합니다.

- 아래로.

-

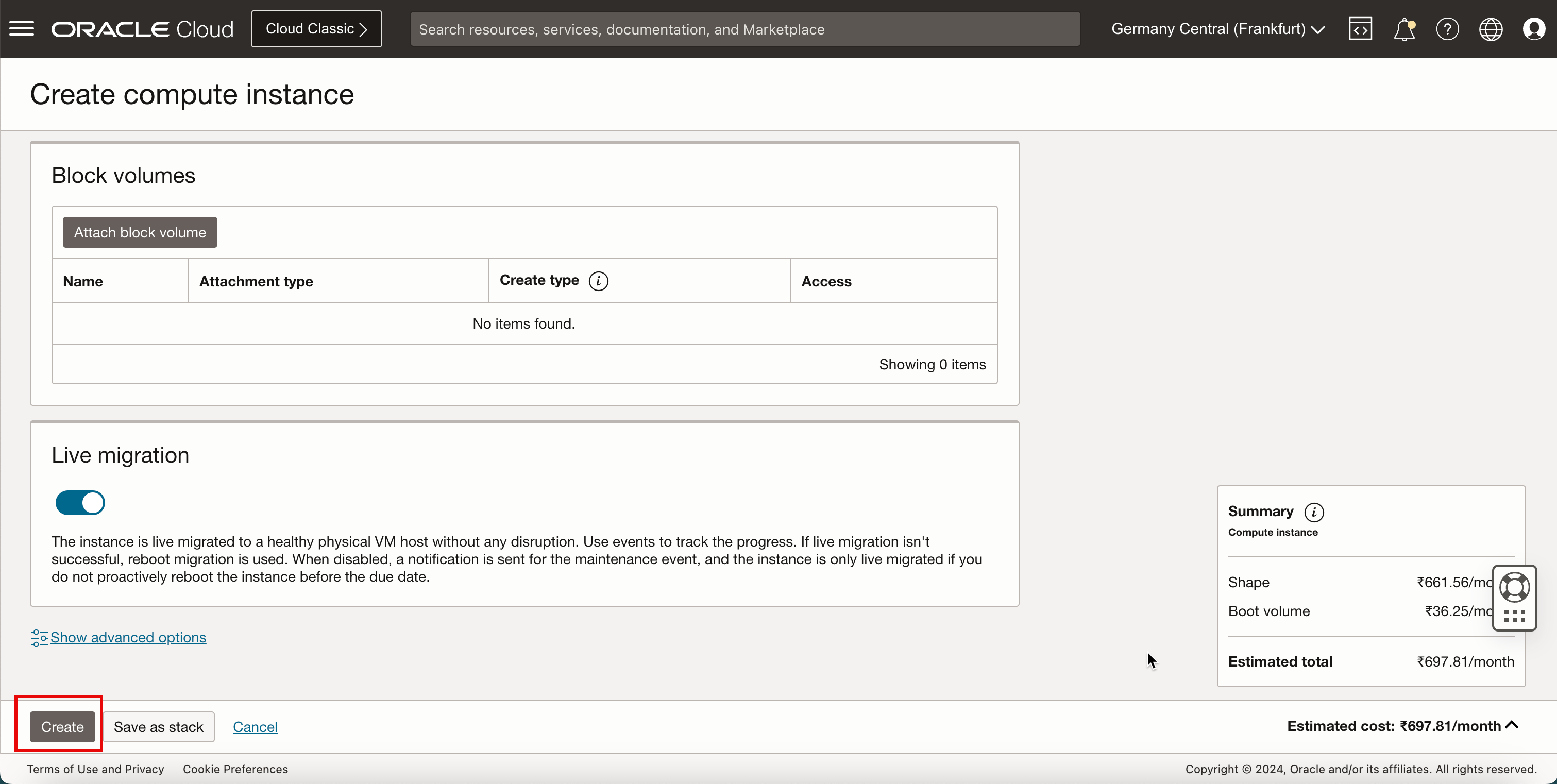

Create를 누릅니다.

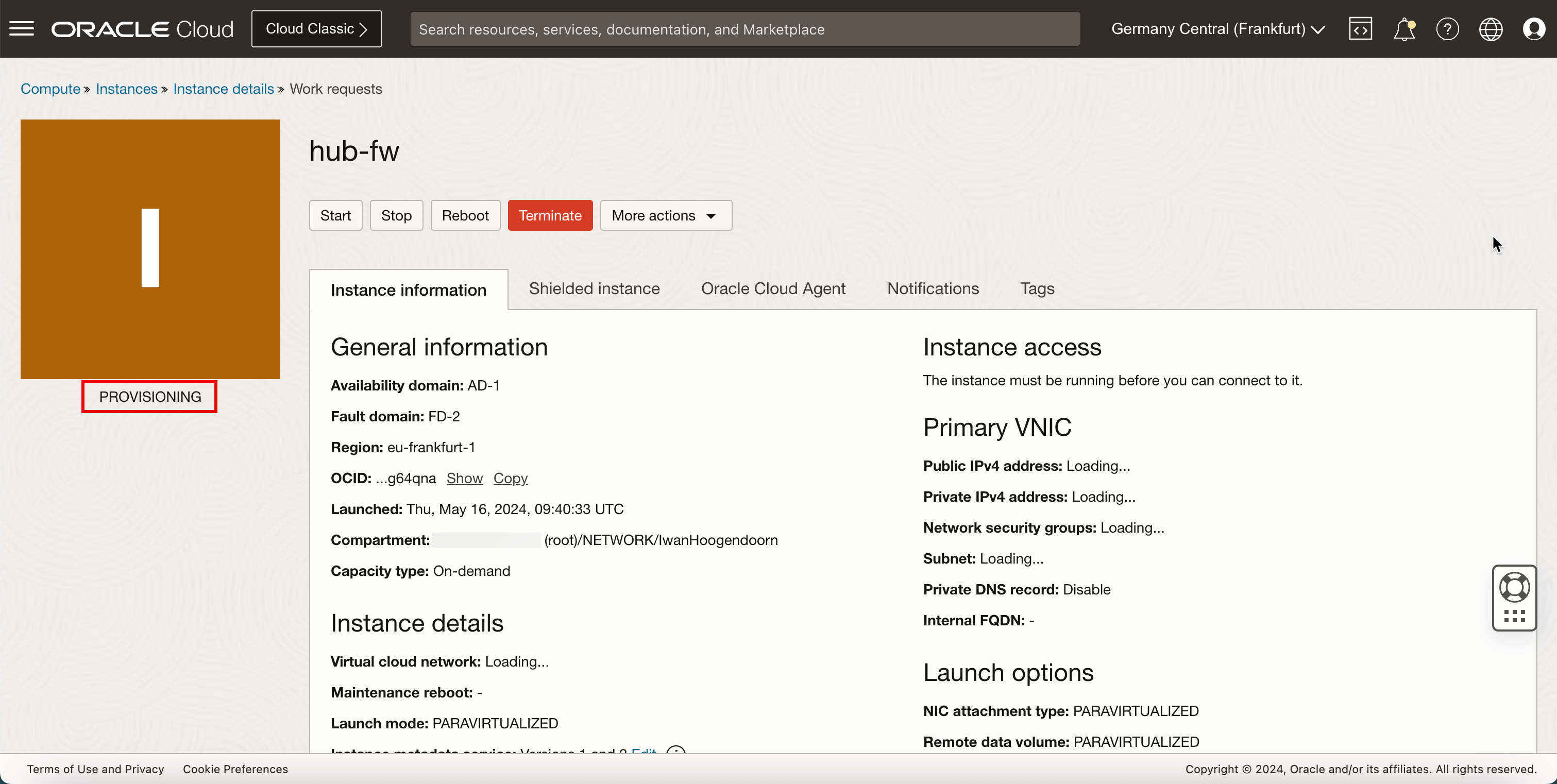

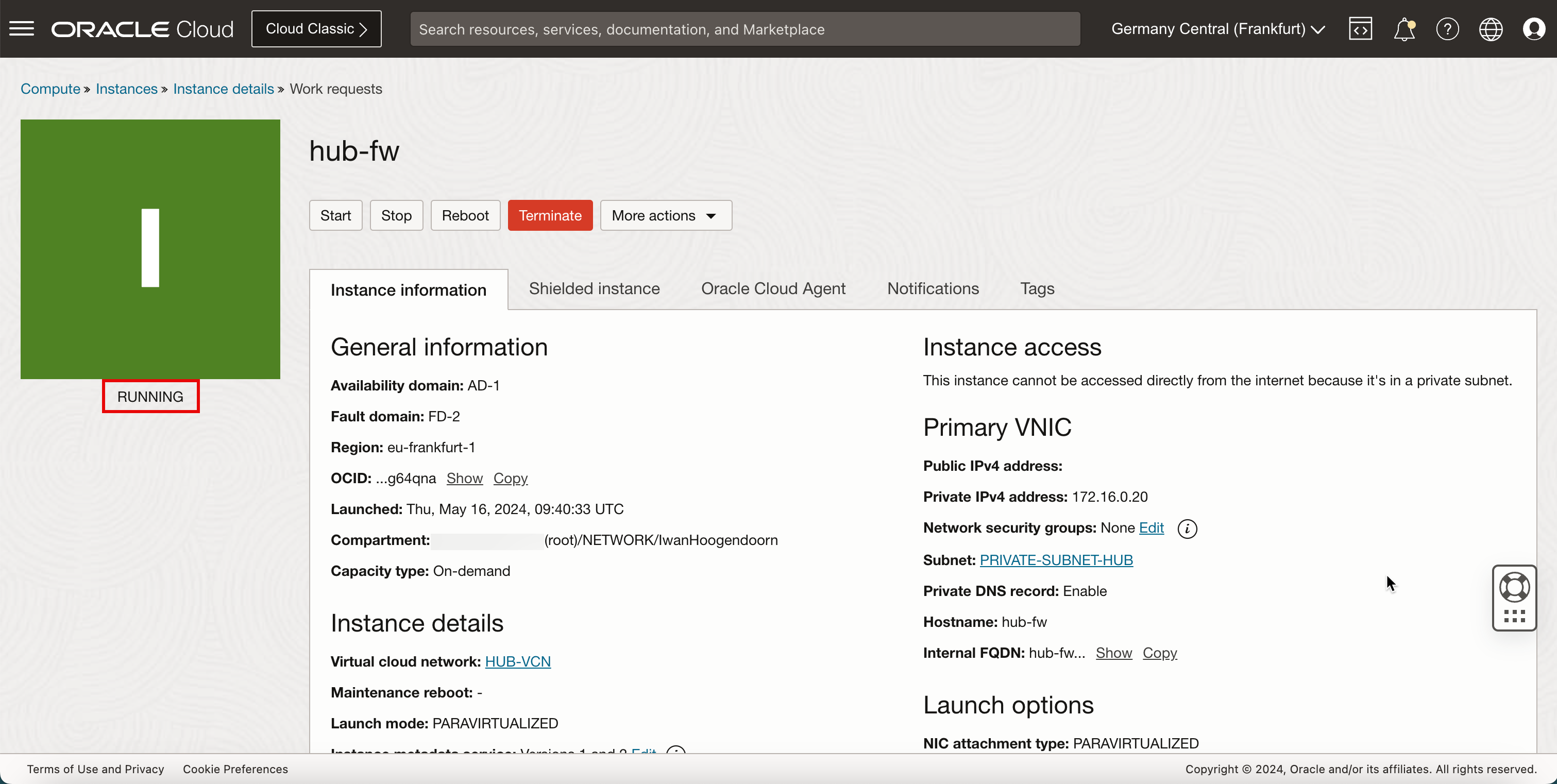

-

상태는 PROVISIONING입니다.

-

몇 분 후 상태가 RUNNING으로 변경됩니다.

-

다음 이미지는 사용자가 생성한 항목을 시각적으로 나타냅니다.

작업 6: 인스턴스에 pfSense 설치

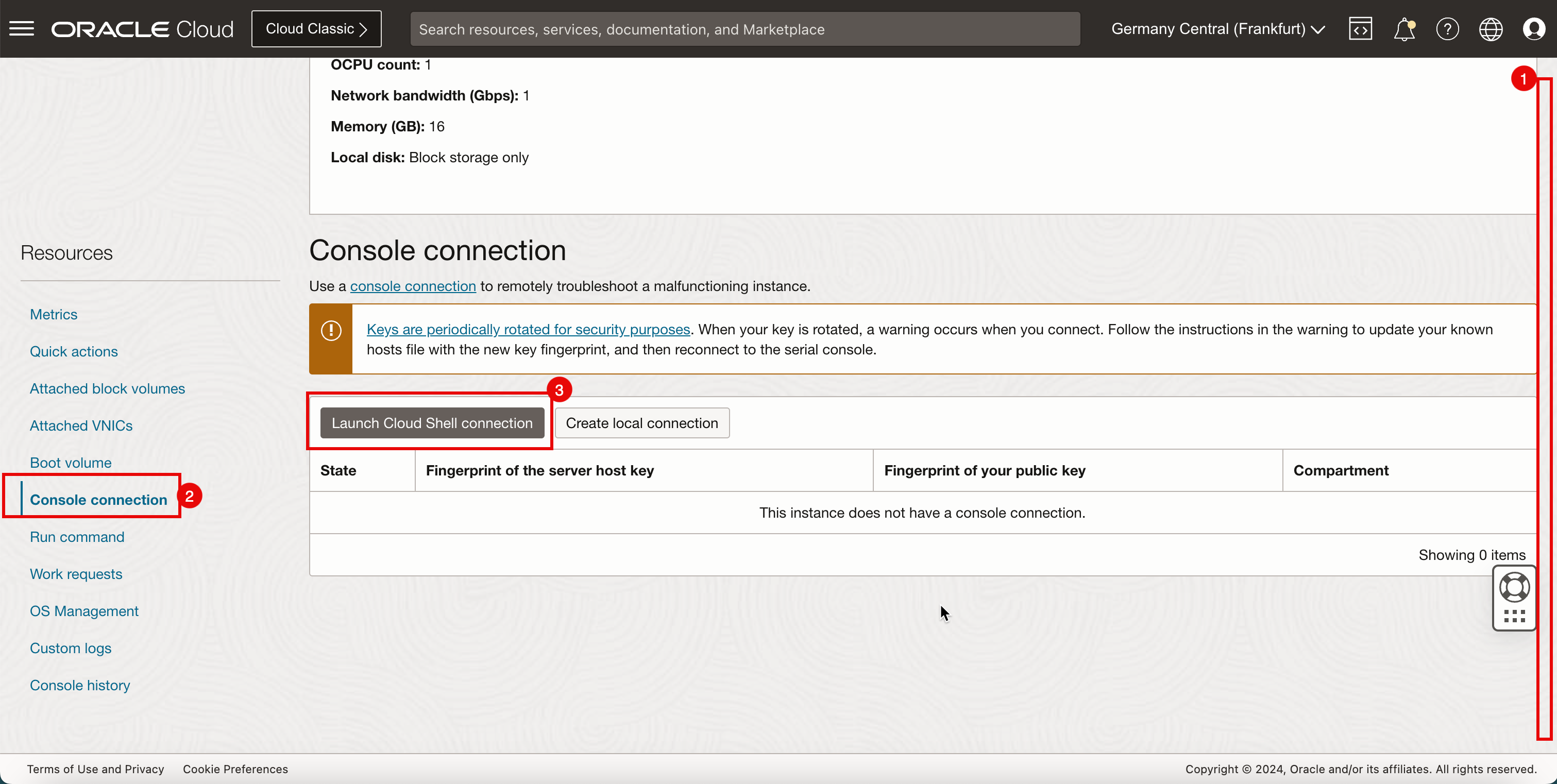

pfSense 방화벽의 초기 설치 및 설정을 수행해야 합니다. 실행 중인 인스턴스가 이미 있습니다.

-

pfSense 방화벽 소프트웨어를 설치하려면 콘솔 연결을 만들어야 합니다.

- 아래로.

- 콘솔 접속을 누릅니다.

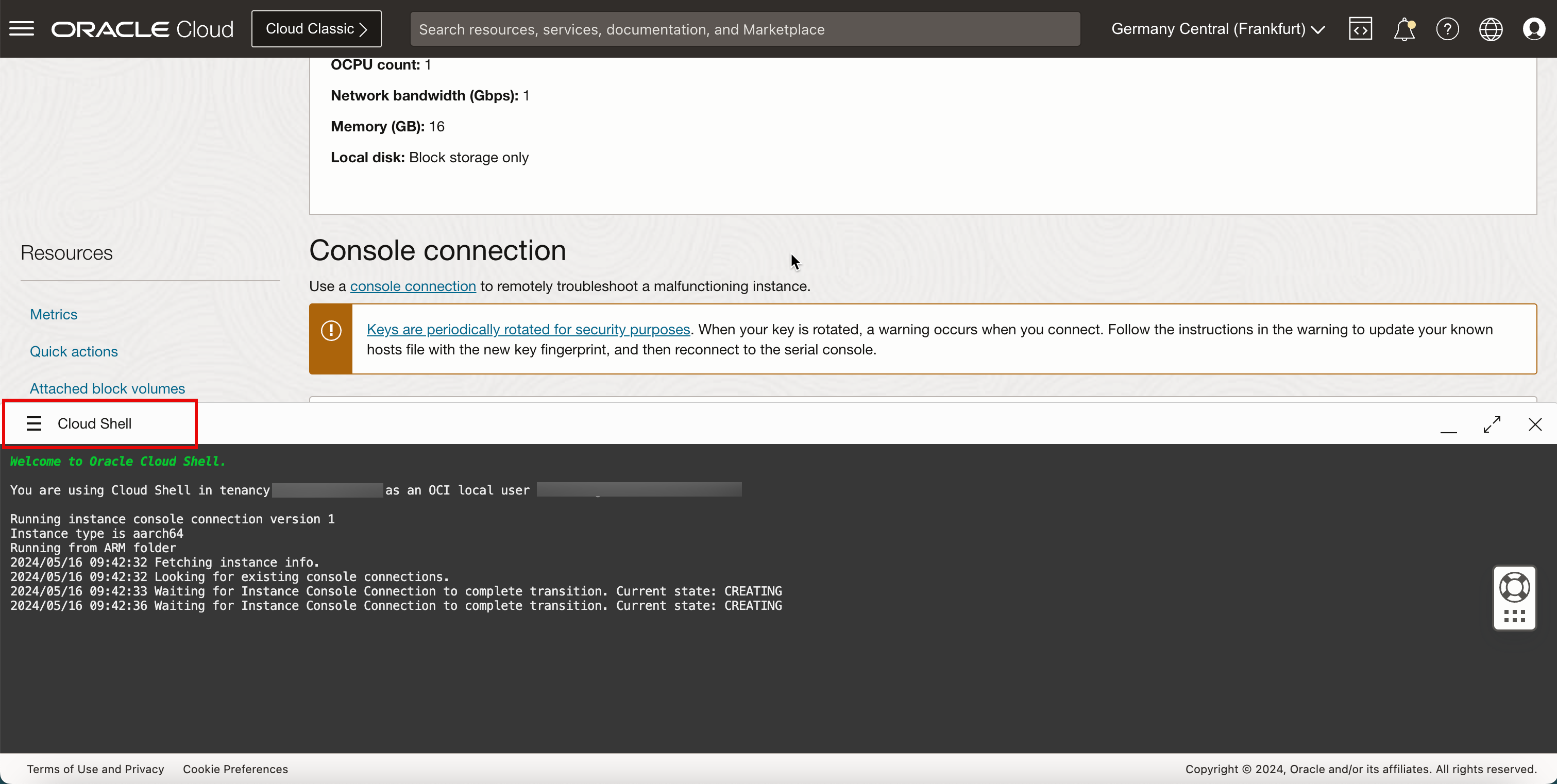

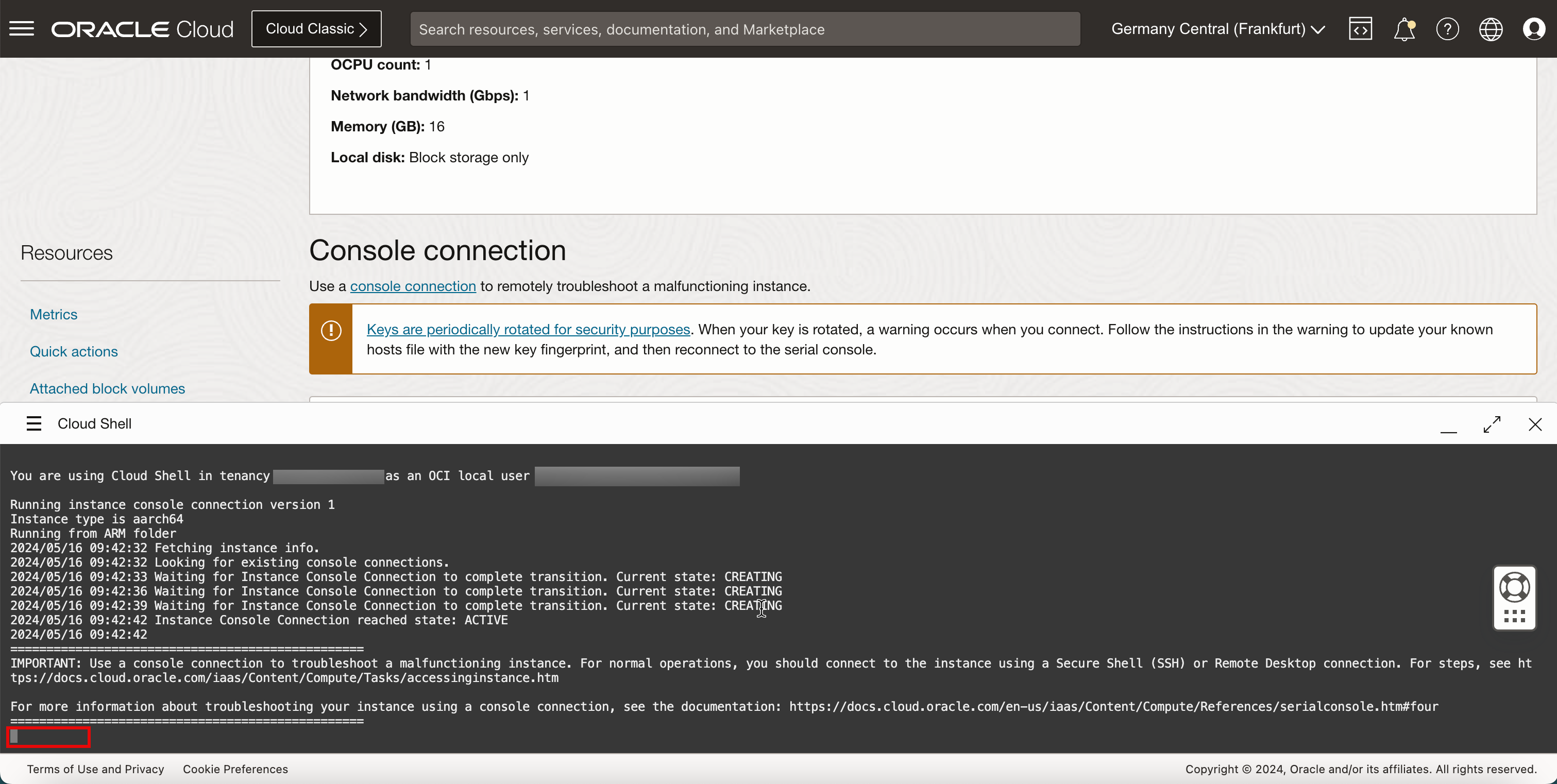

- Cloud Shell 접속 실행을 누릅니다.

-

Cloud Shell 창이 열립니다.

-

몇 개의 시작 메시지가 나타납니다. ENTER 키를 누릅니다.

-

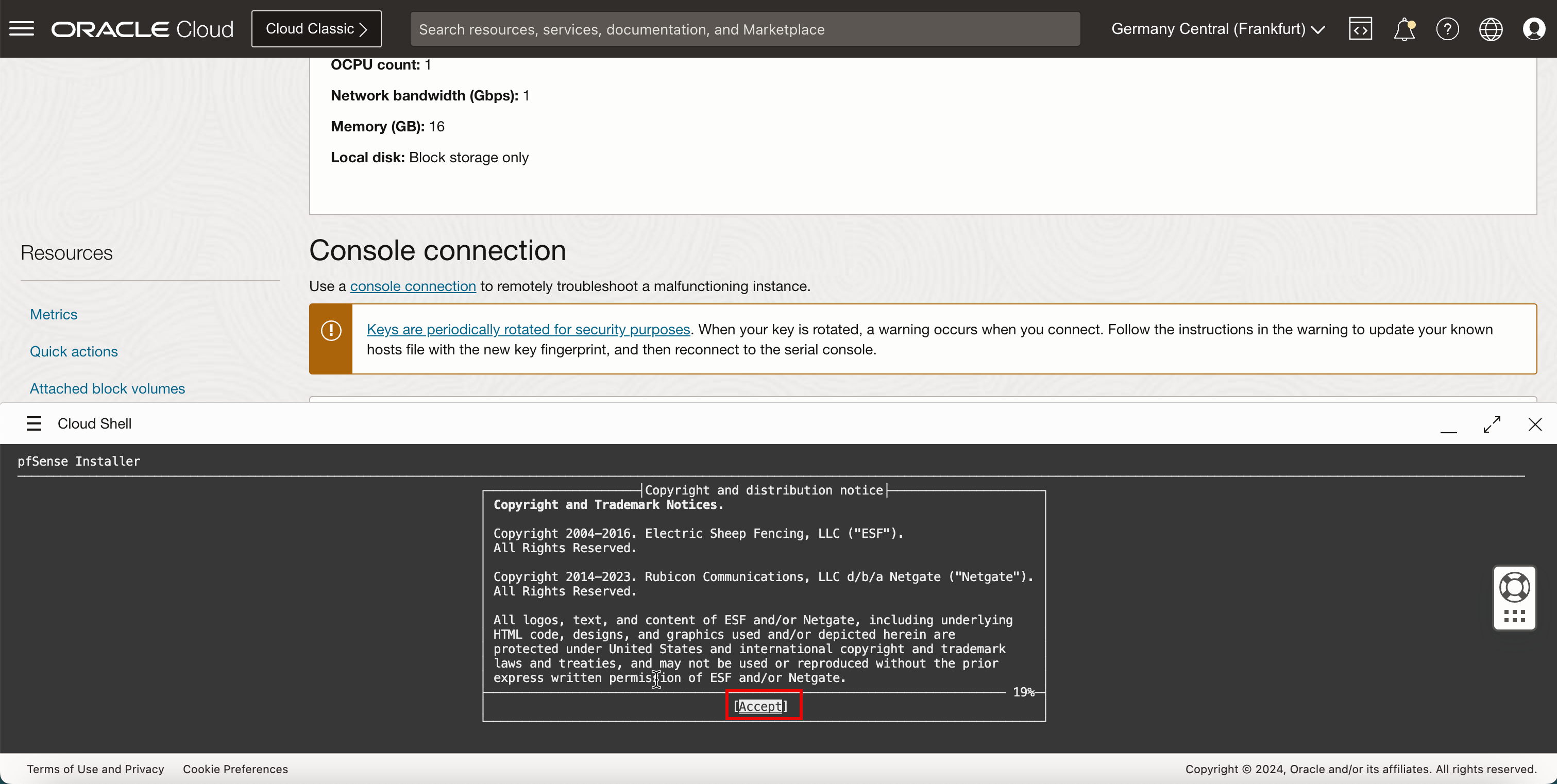

저작권 메시지를 읽고 Accept를 선택한 다음 ENTER를 누릅니다.

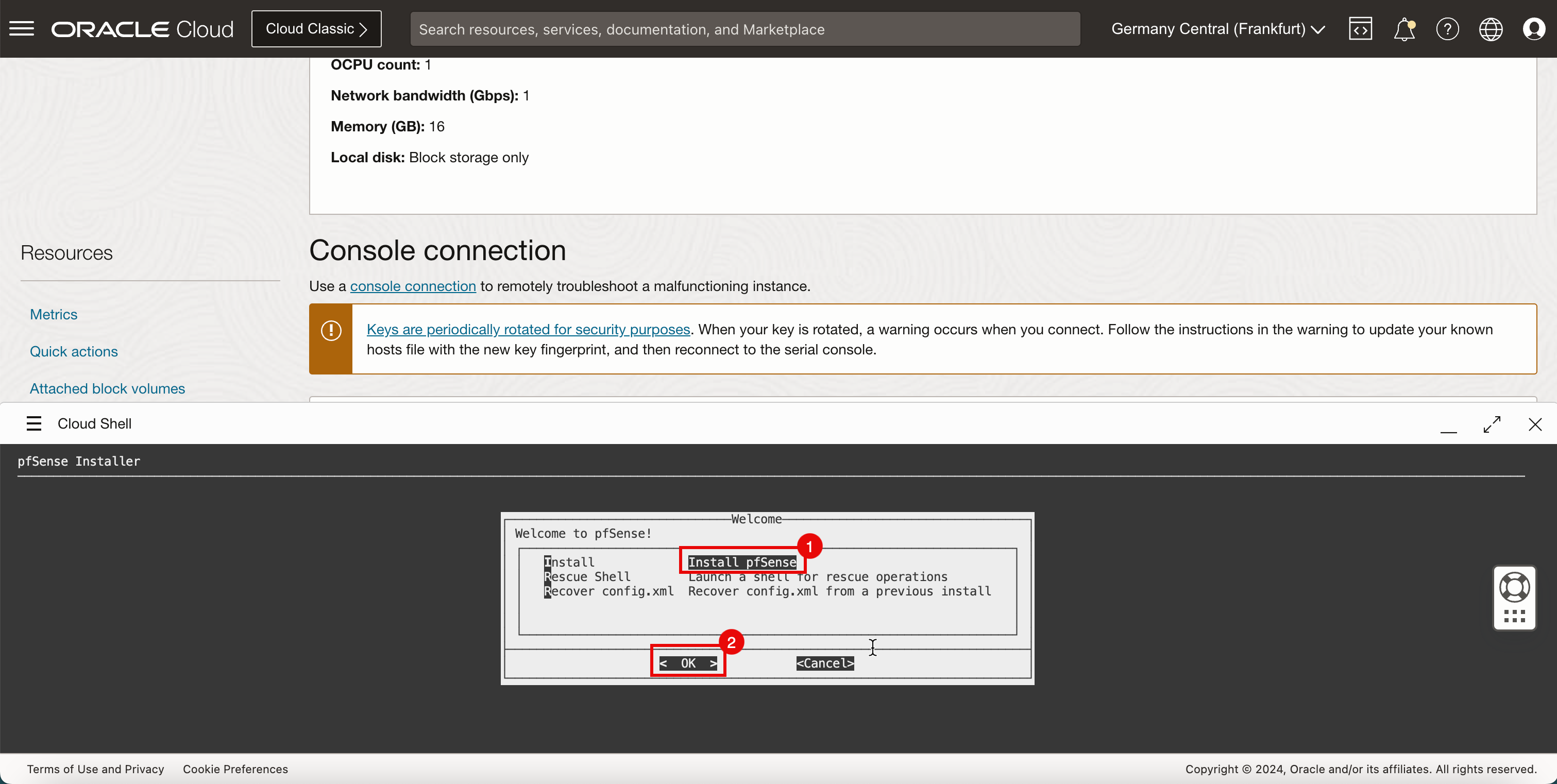

- Install pfSense를 선택합니다.

- OK를 선택하고 ENTER를 누릅니다.

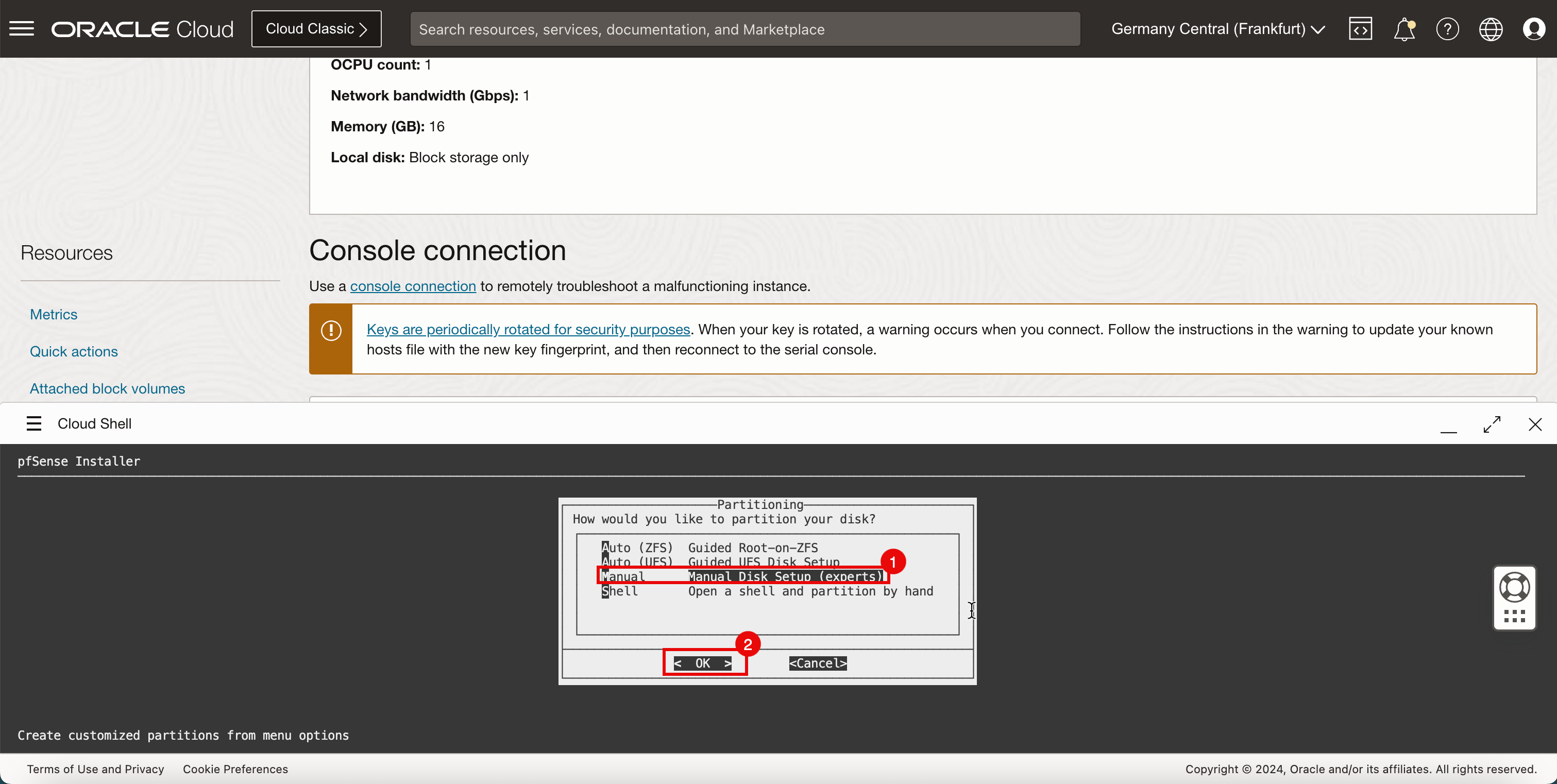

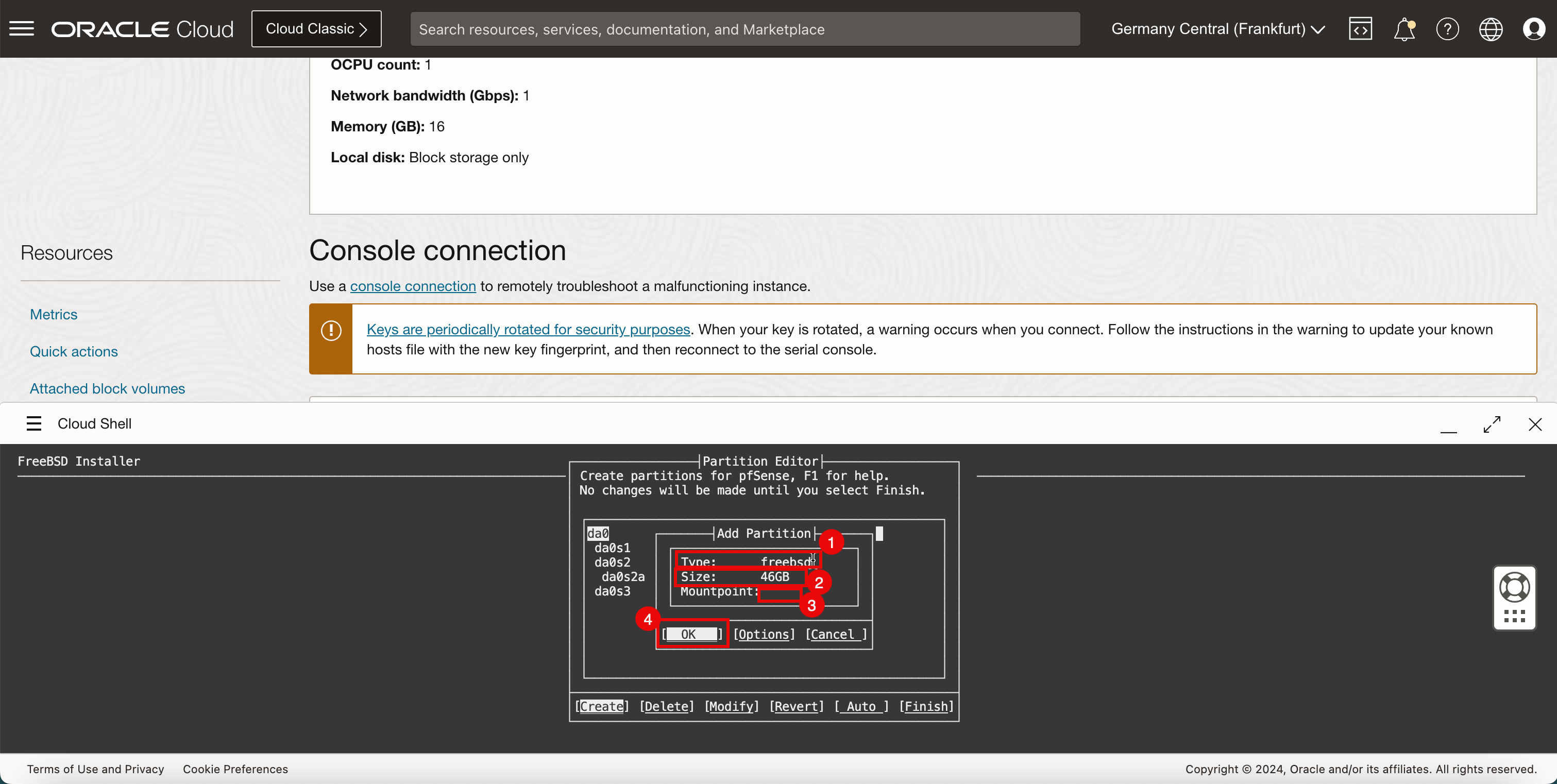

- Manual Disk Setup (experts)(수동 디스크 설정(전문가))을 선택합니다.

- OK를 선택하고 ENTER를 누릅니다.

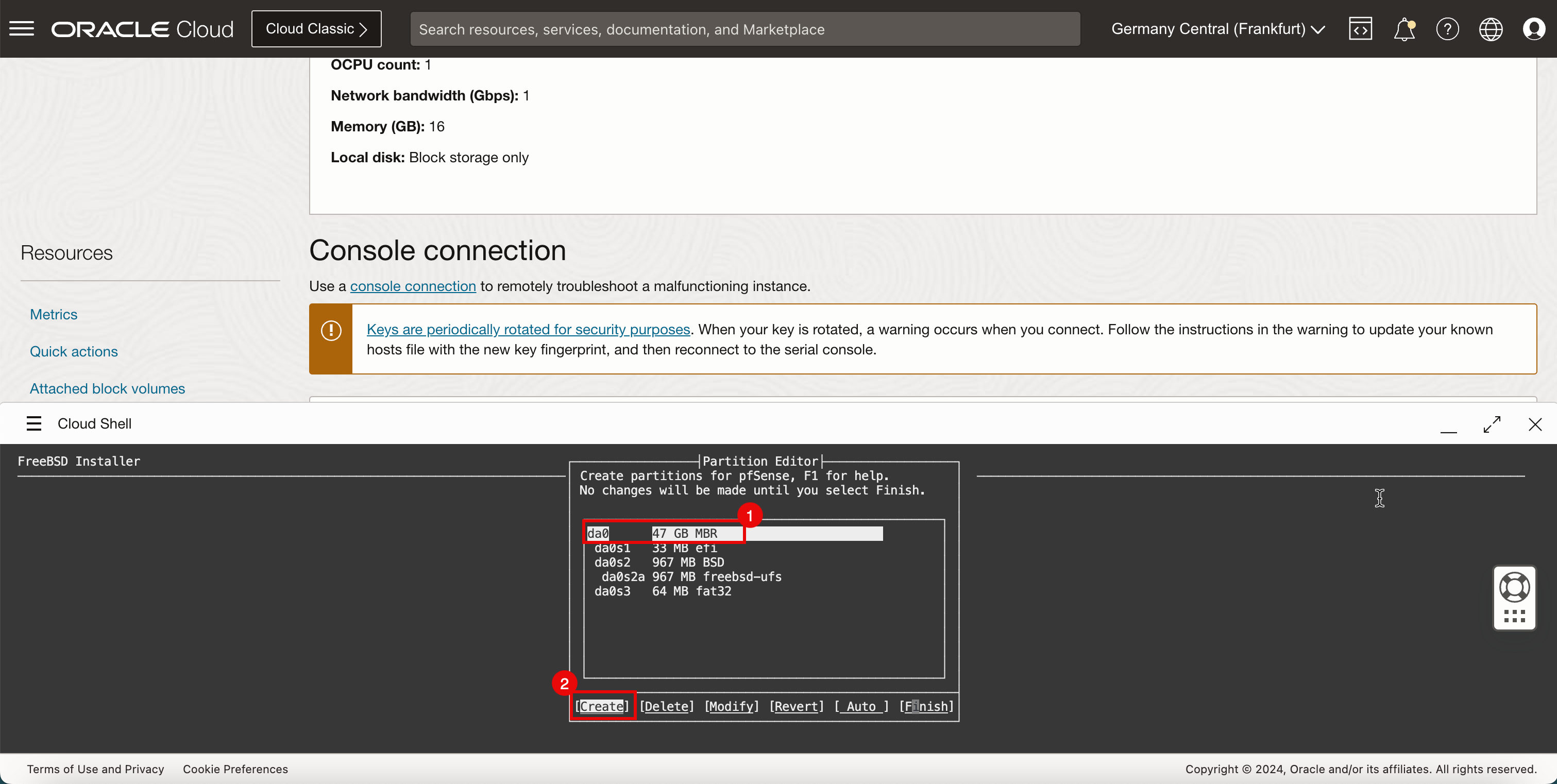

- da0 - 47 GB MBR을 선택합니다.

- Create를 선택하고 ENTER를 누릅니다.

- 유형에 freebsd를 입력합니다.

- 크기에 46GB를 입력합니다.

- Mountpoint를 입력합니다.

- OK를 선택하고 ENTER를 누릅니다.

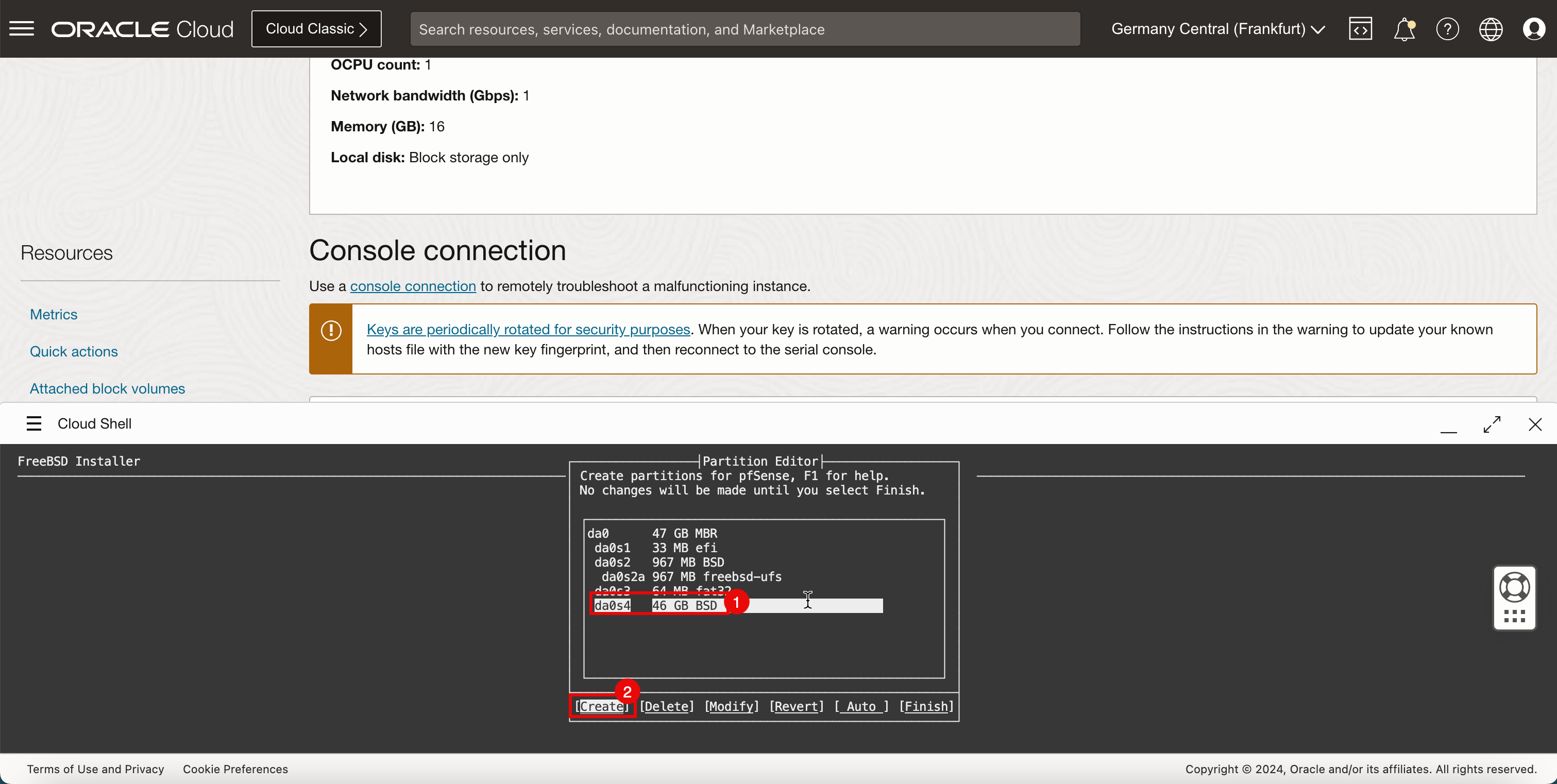

- da0s4에서 46GB BSD를 선택합니다.

- Create를 선택하고 ENTER를 누릅니다.

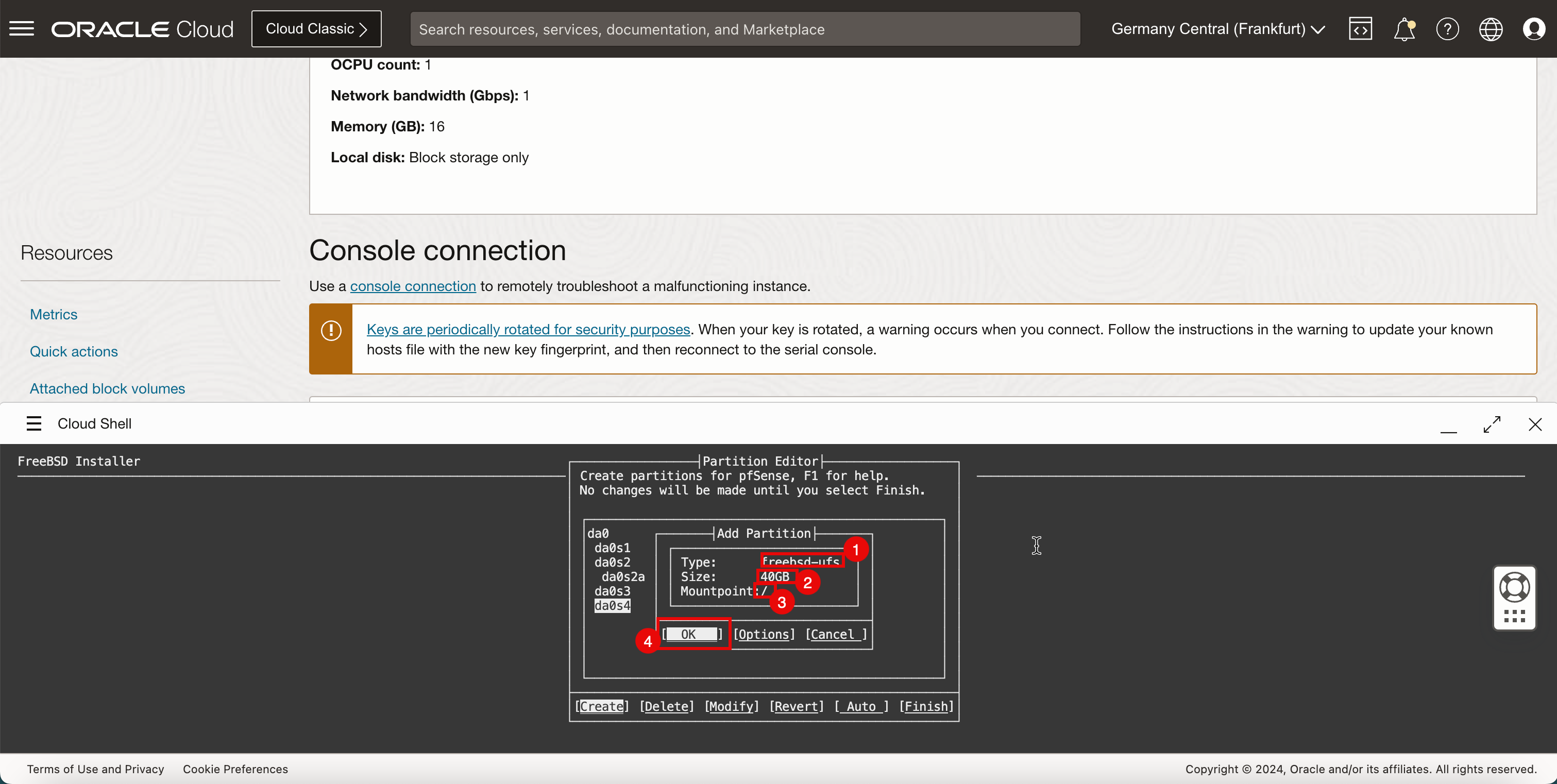

- 유형에 freebsd-ufs를 입력합니다.

- 크기에 40GB를 입력합니다.

- Mountpoint(마운트 지점)에 /를 입력합니다.

- OK를 선택하고 ENTER를 누릅니다.

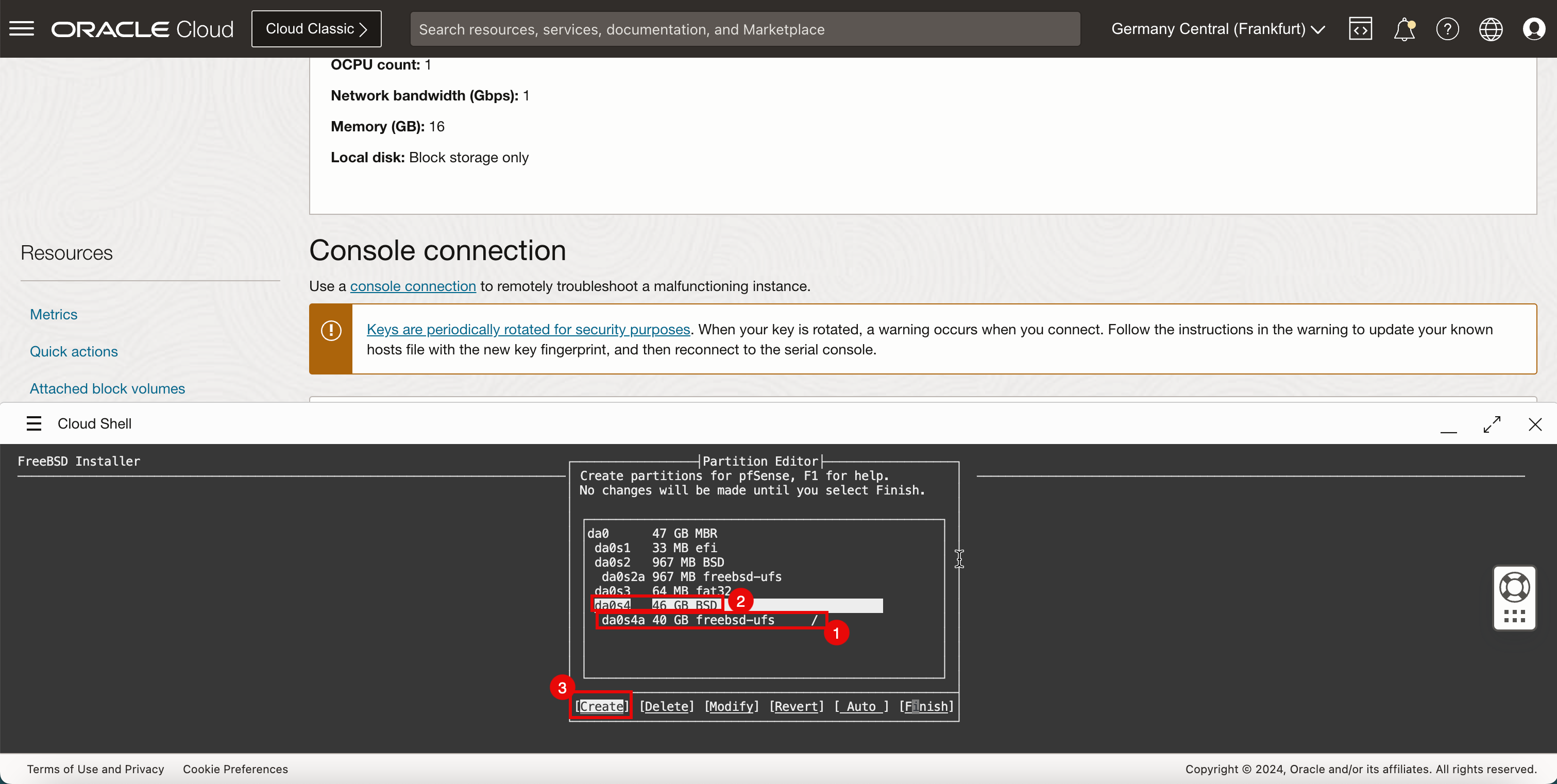

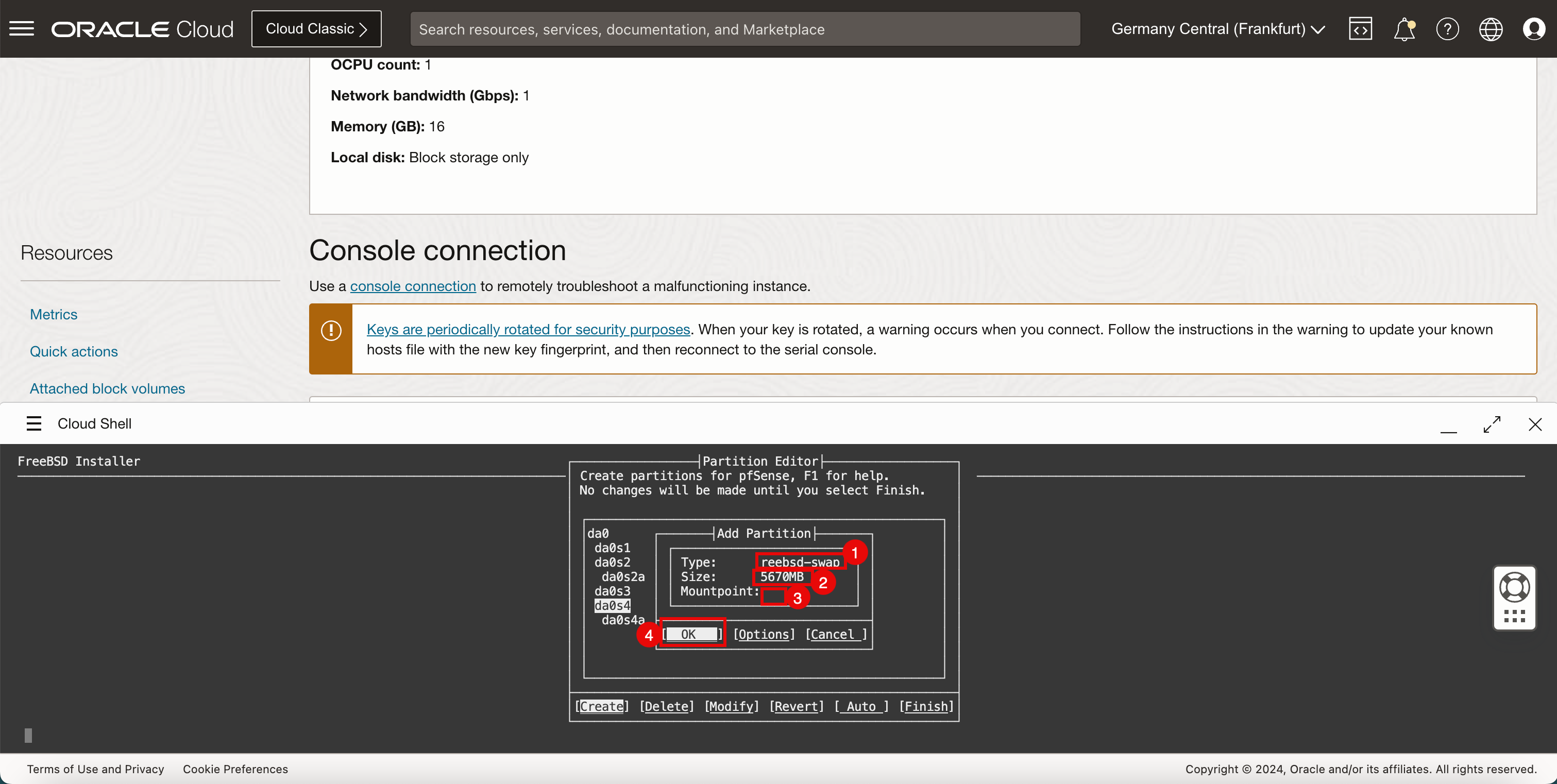

/에 대한 마운트 지점이 생성됩니다.- da0s4에 46GB BSD를 입력합니다.

- Create를 선택하고 ENTER를 누릅니다.

- 유형에 freebsd-swap을 입력합니다.

- 크기에 5770MB를 입력합니다.

- Mountpoint를 입력합니다.

- OK를 선택하고 ENTER를 누릅니다.

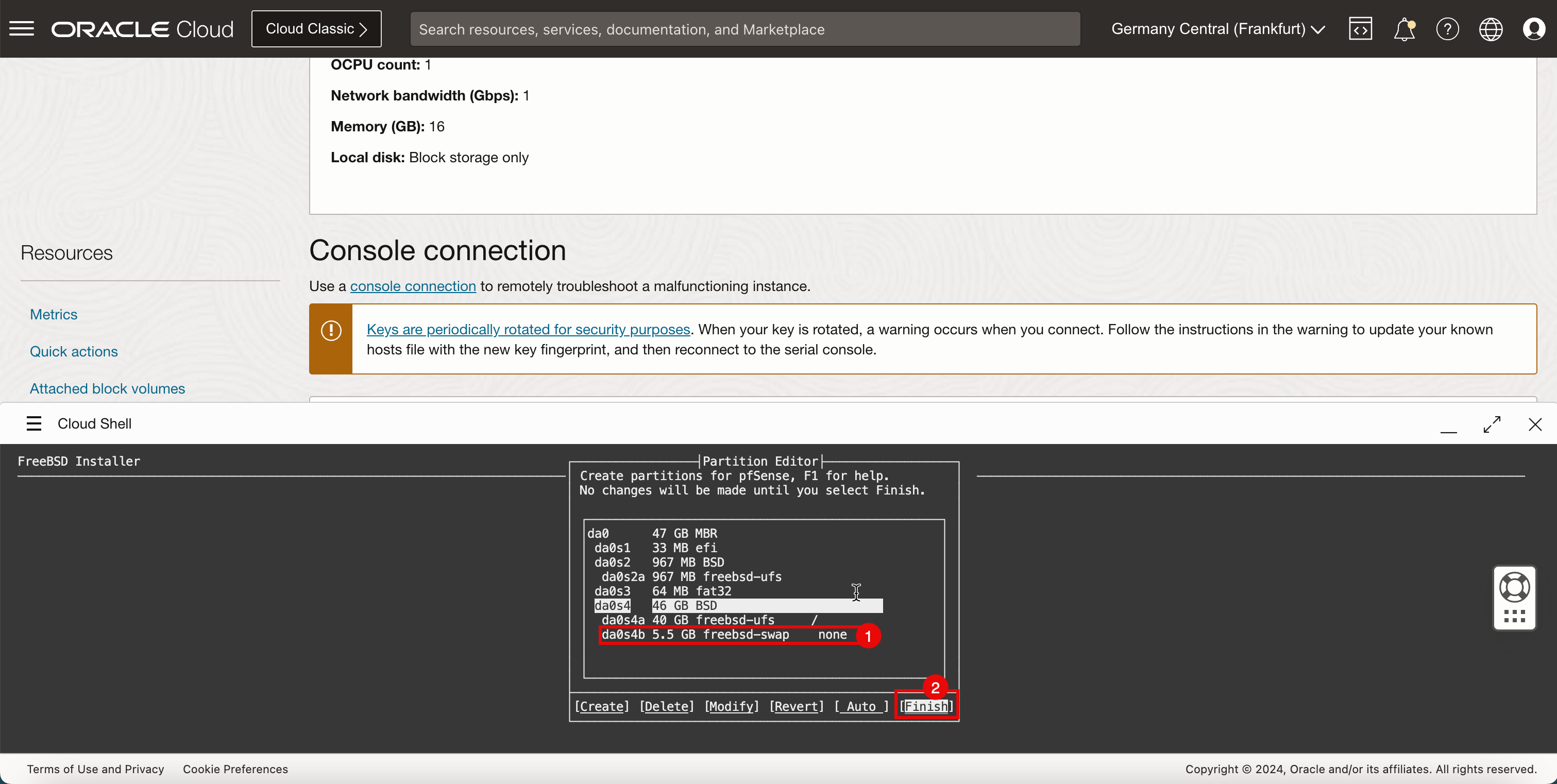

- 스왑에 대한 마운트 지점이 만들어집니다.

- 완료를 선택하고 입력을 누릅니다.

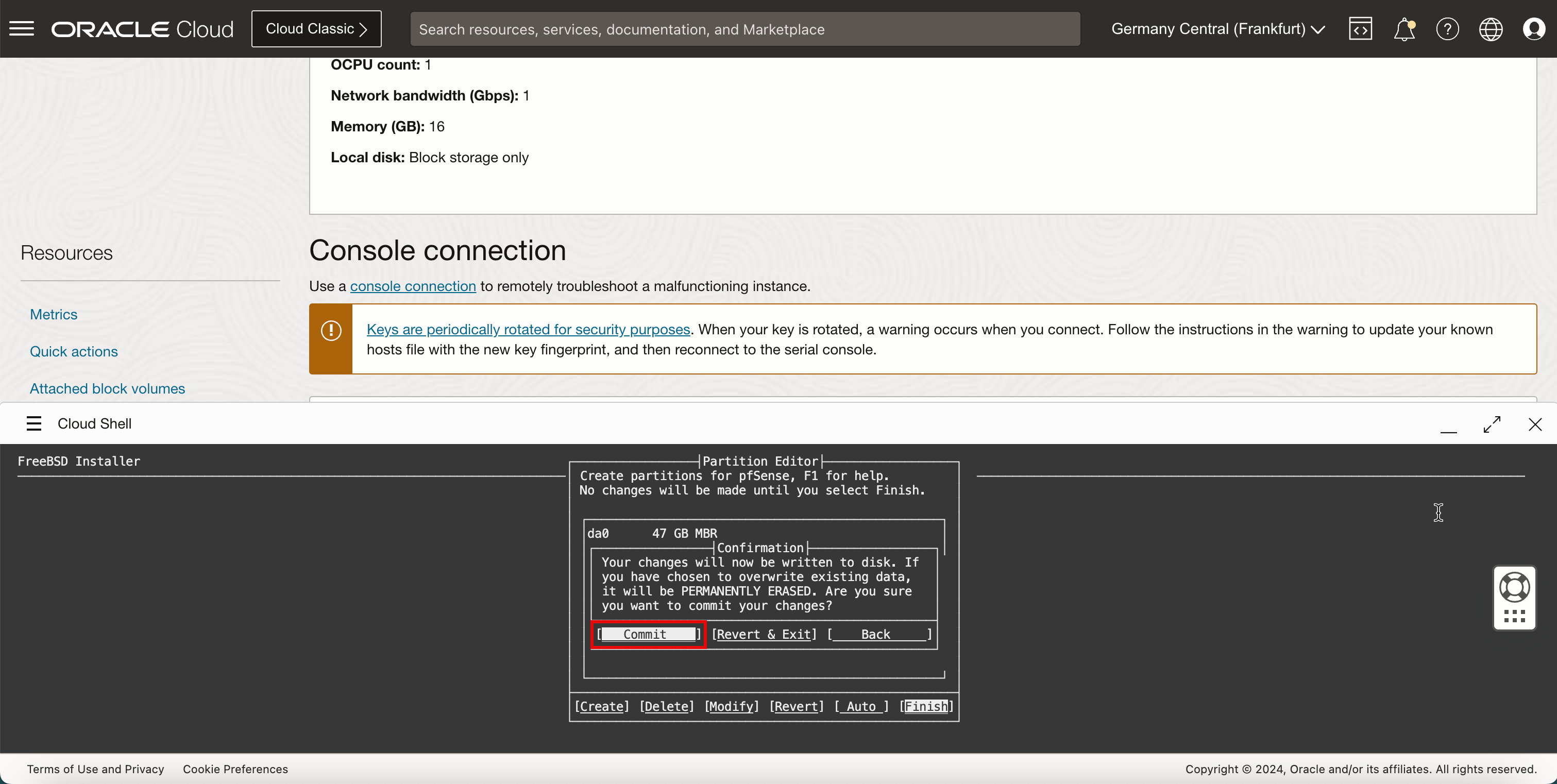

-

Commit을 선택하고 ENTER를 누릅니다.

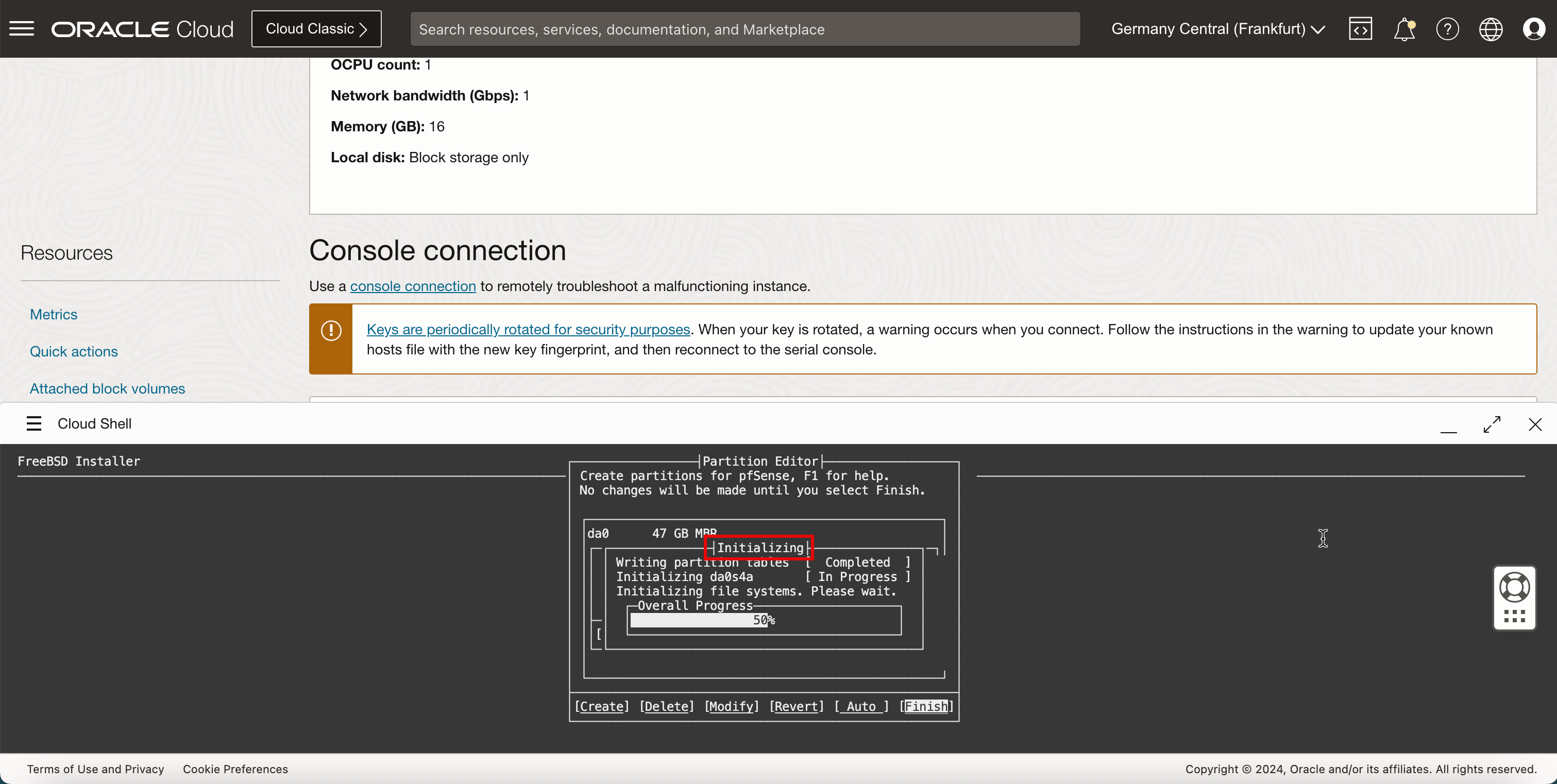

-

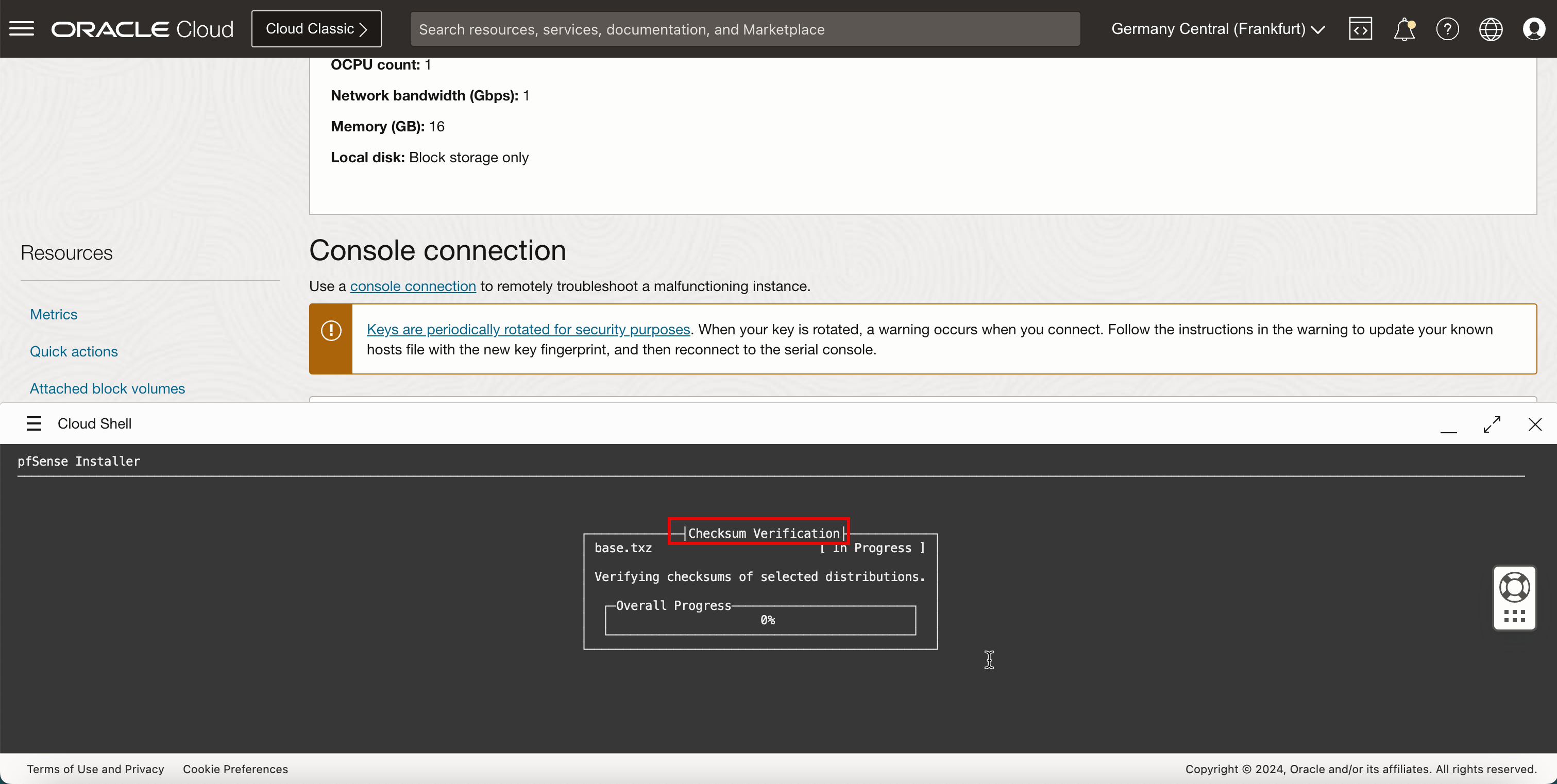

설치가 설정 초기화를 시작합니다.

빠른 체크섬 확인이 설치됩니다.

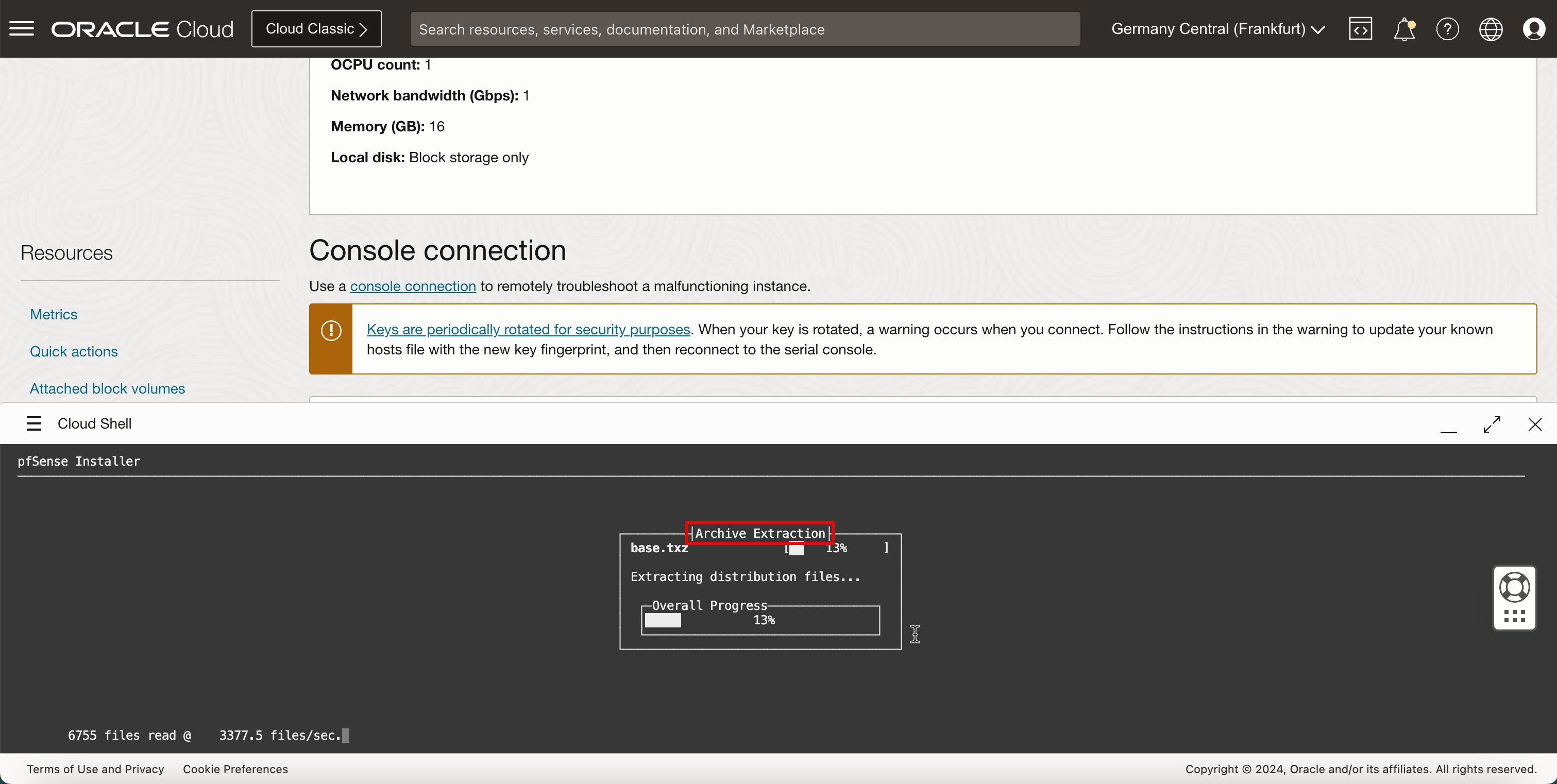

설치 시 아카이브 추출이 수행됩니다.

-

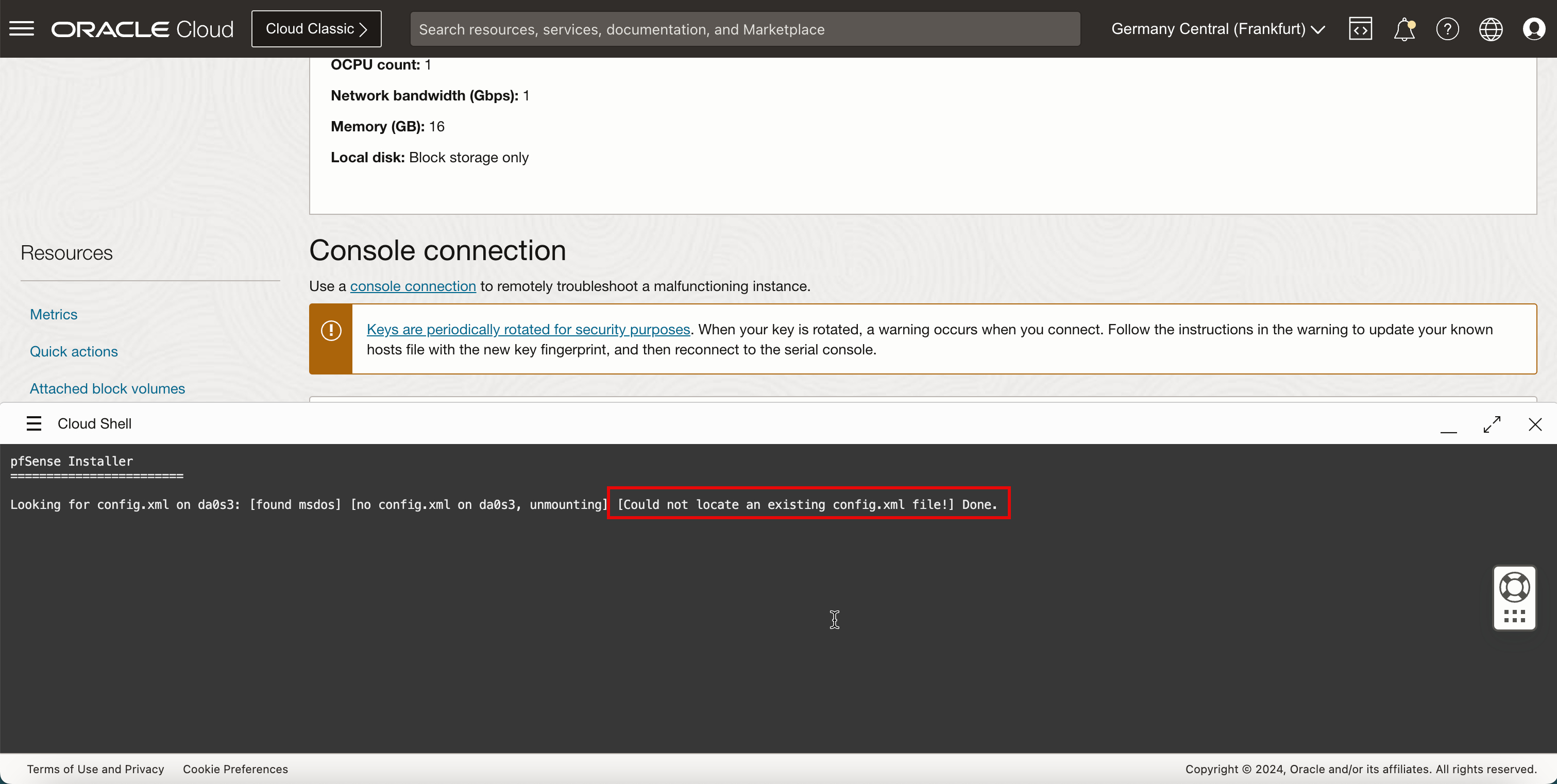

새 설치이므로 Could not locate an existing

config.xmlfile! 메시지가 표시됩니다.

-

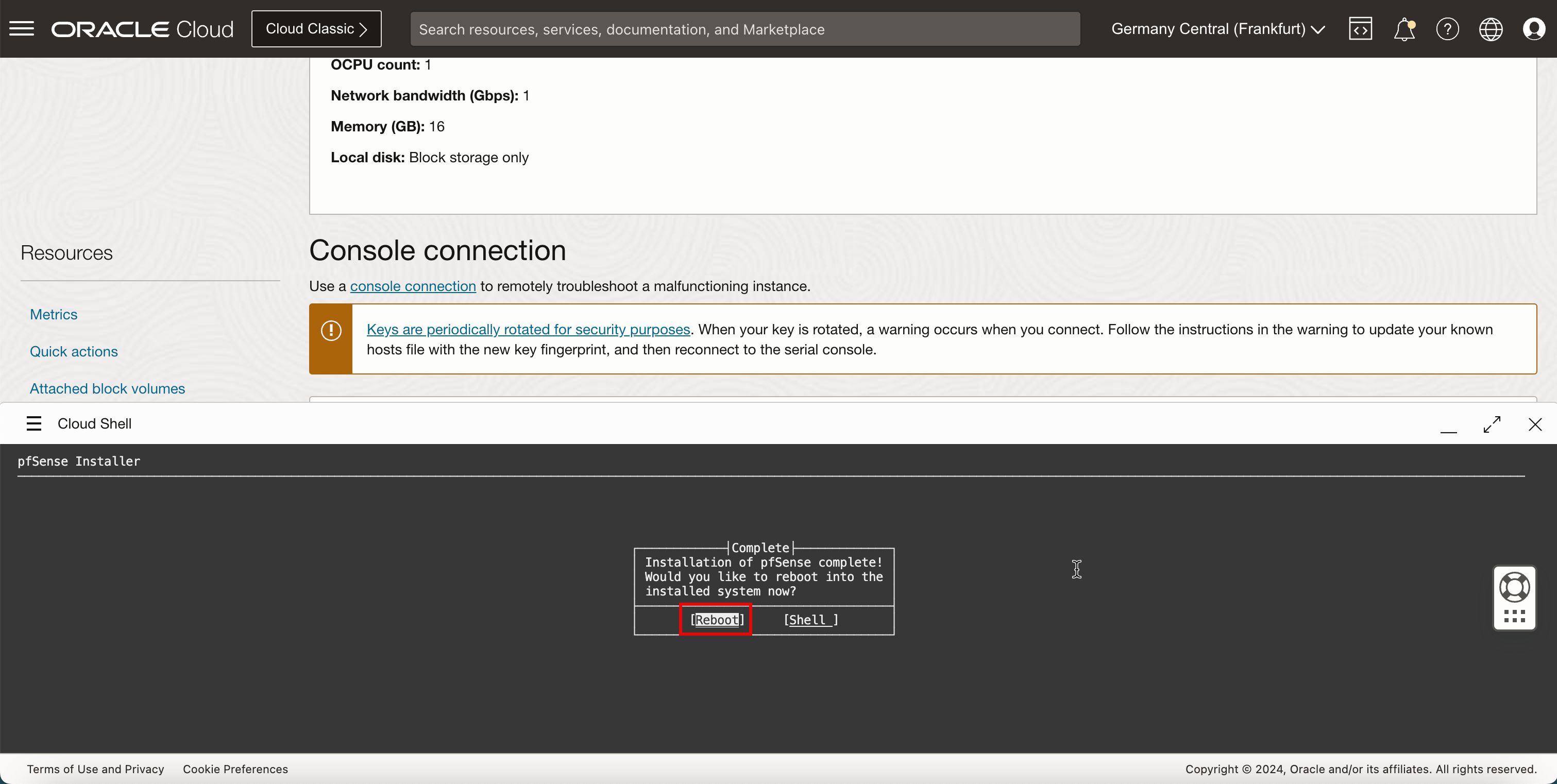

Reboot를 선택하고 ENTER를 누릅니다.

-

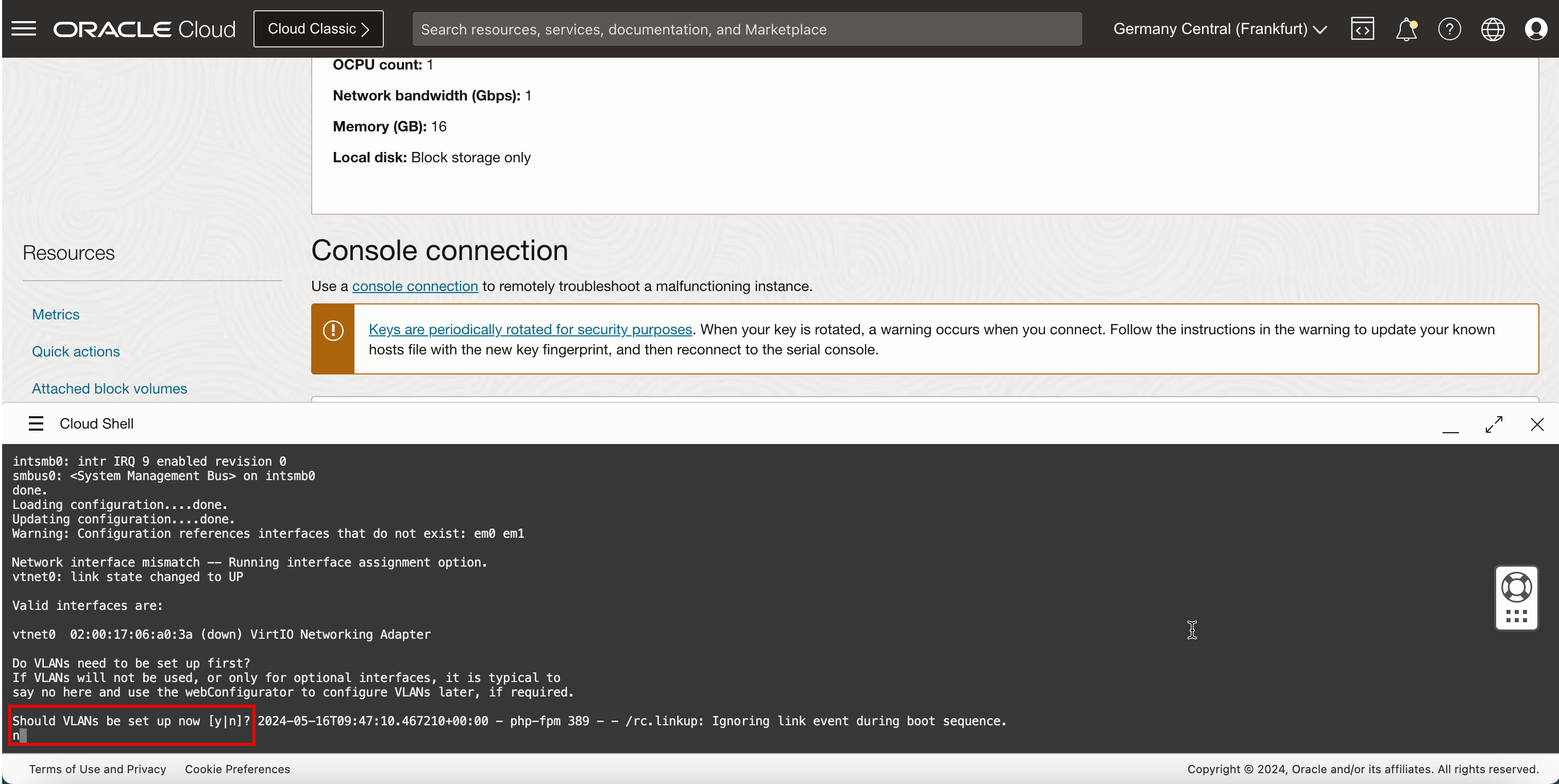

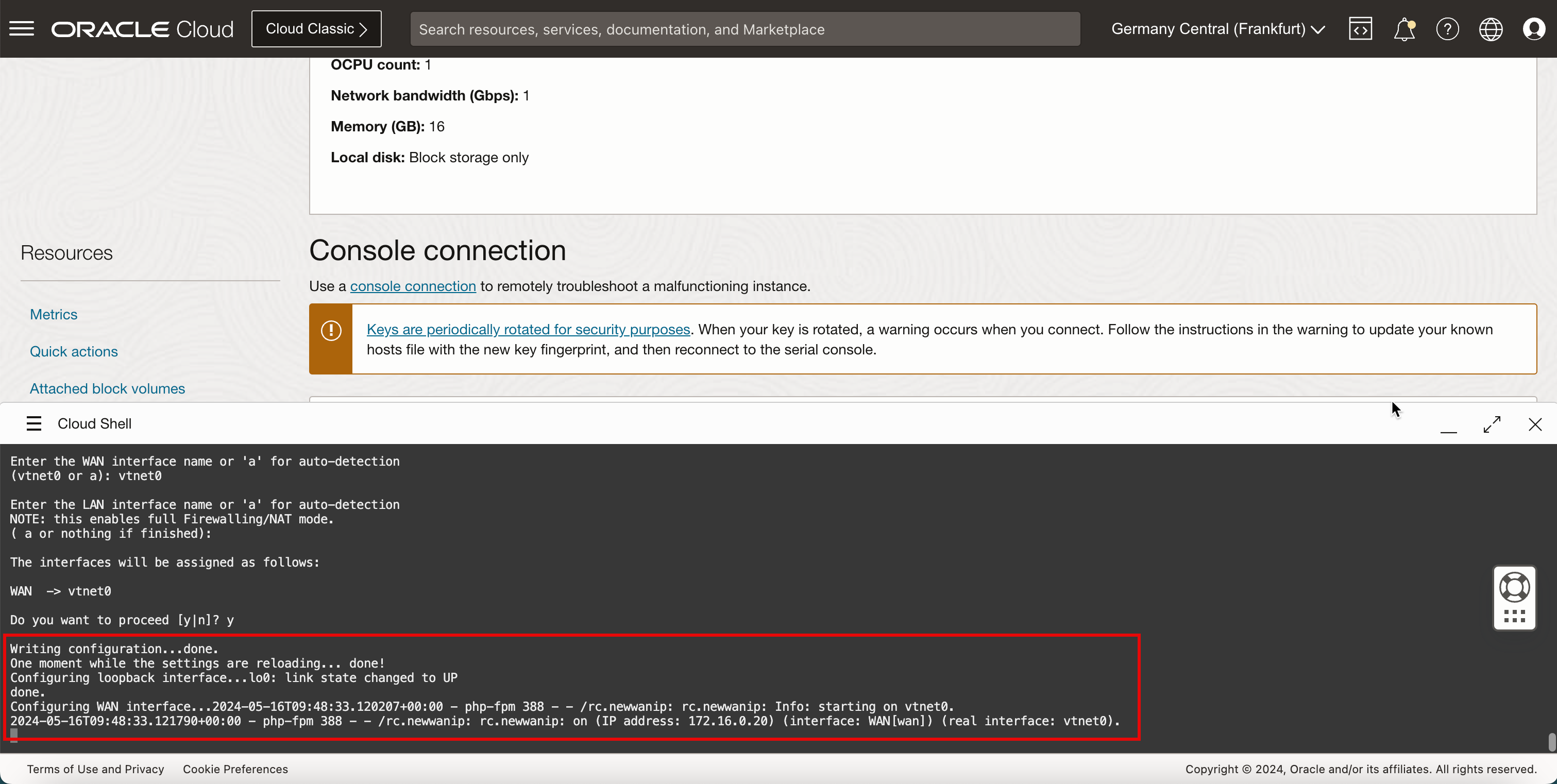

첫 번째 재부트 후에는 WAN 인터페이스를 구성하는 몇 가지 구성 옵션이 제공됩니다.

-

Should VLANS be set up에 n을 입력하고 ENTER를 누릅니다.

-

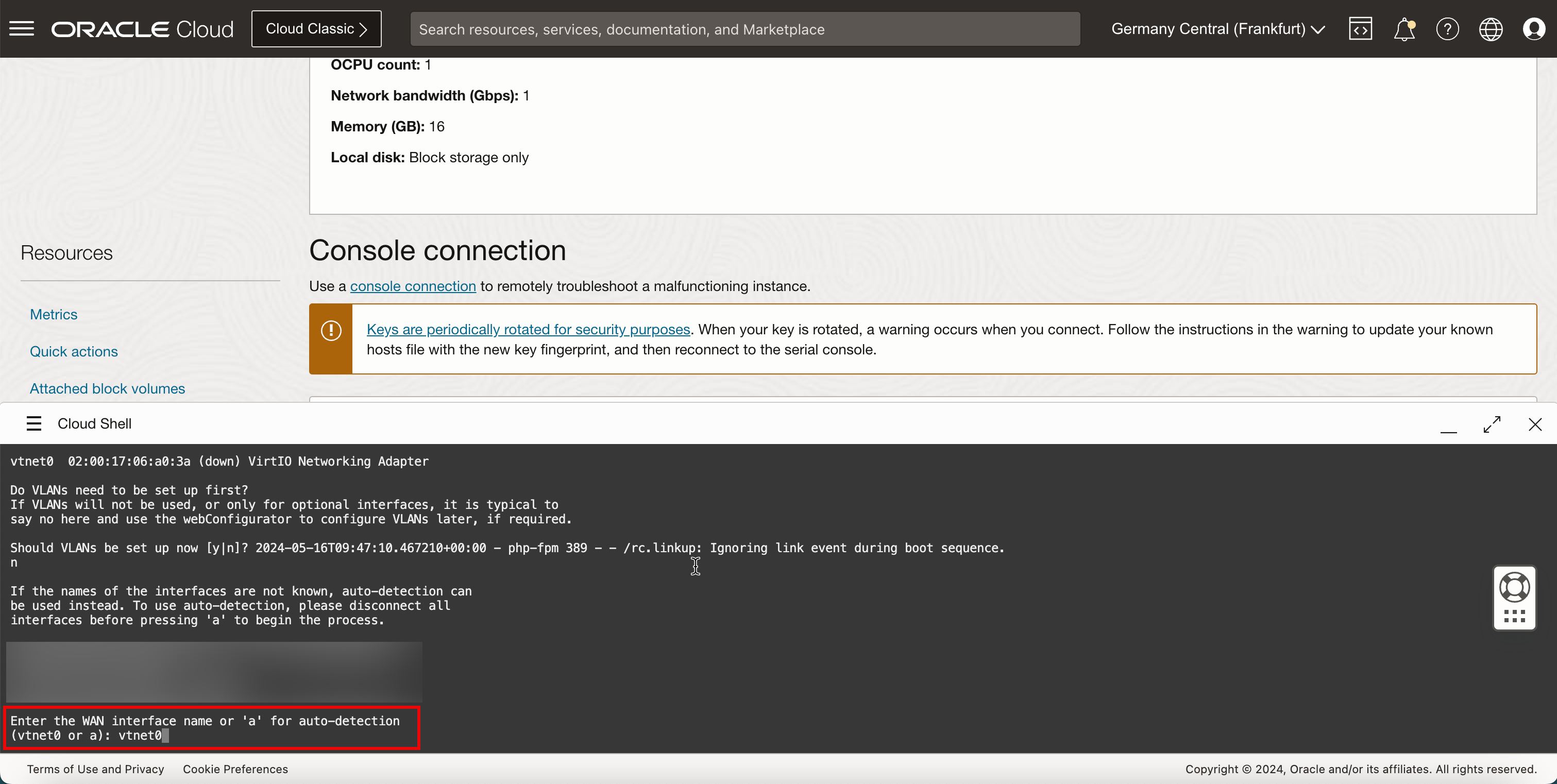

자동 감지용 WAN 인터페이스 이름 또는 'a' 입력(vtnet0 또는 a)에

vtnet0를 입력합니다.

-

이 설정에서는 인터페이스가 하나만 있는 방화벽을 만들고 있으므로 LAN 인터페이스를 구성하지 않습니다. 따라서 ENTER the LAN interface name or 'a' for auto-detection의 경우 ENTER 키를 눌러서 이 인터페이스 설정을 건너뜁니다.

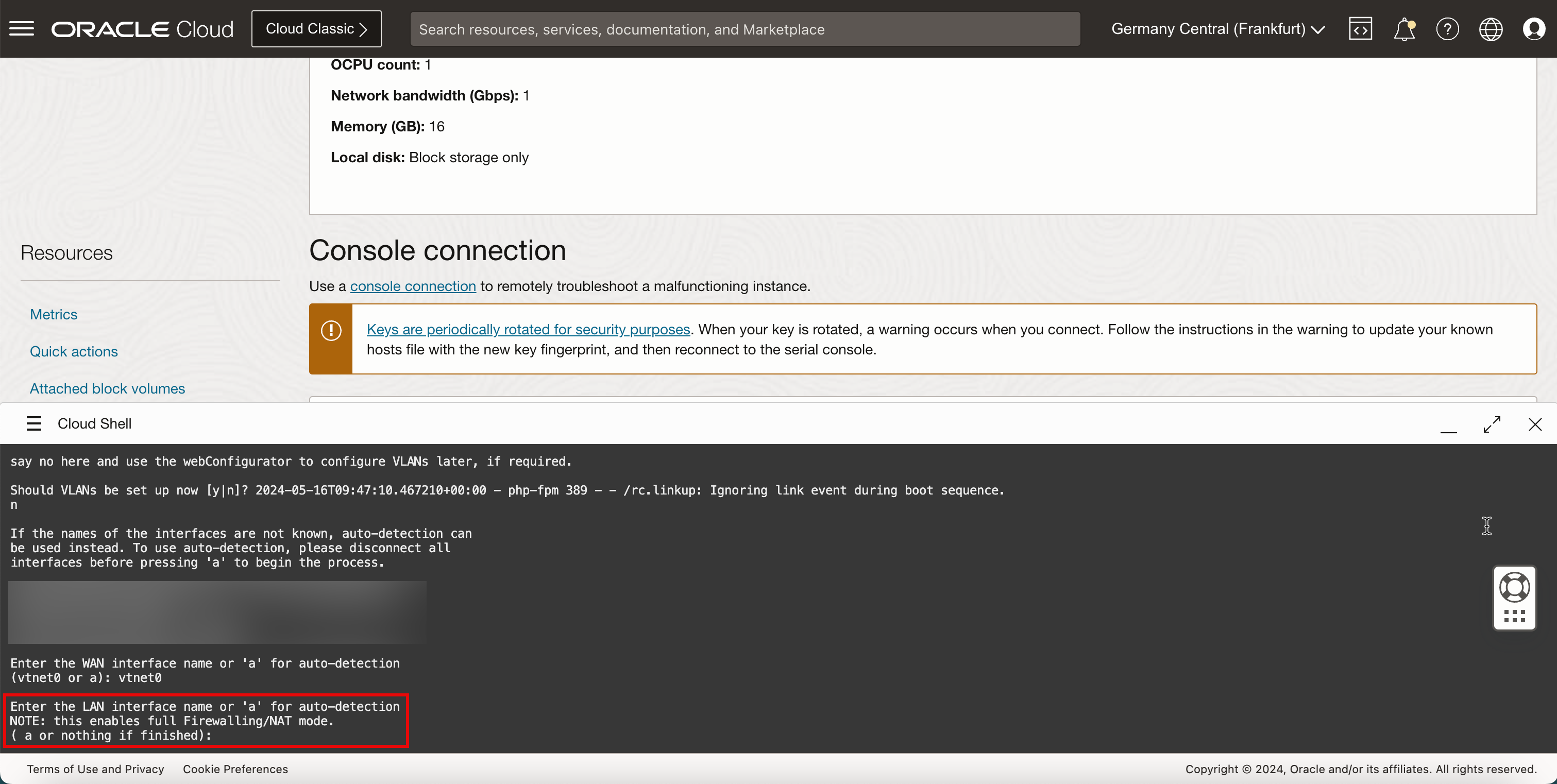

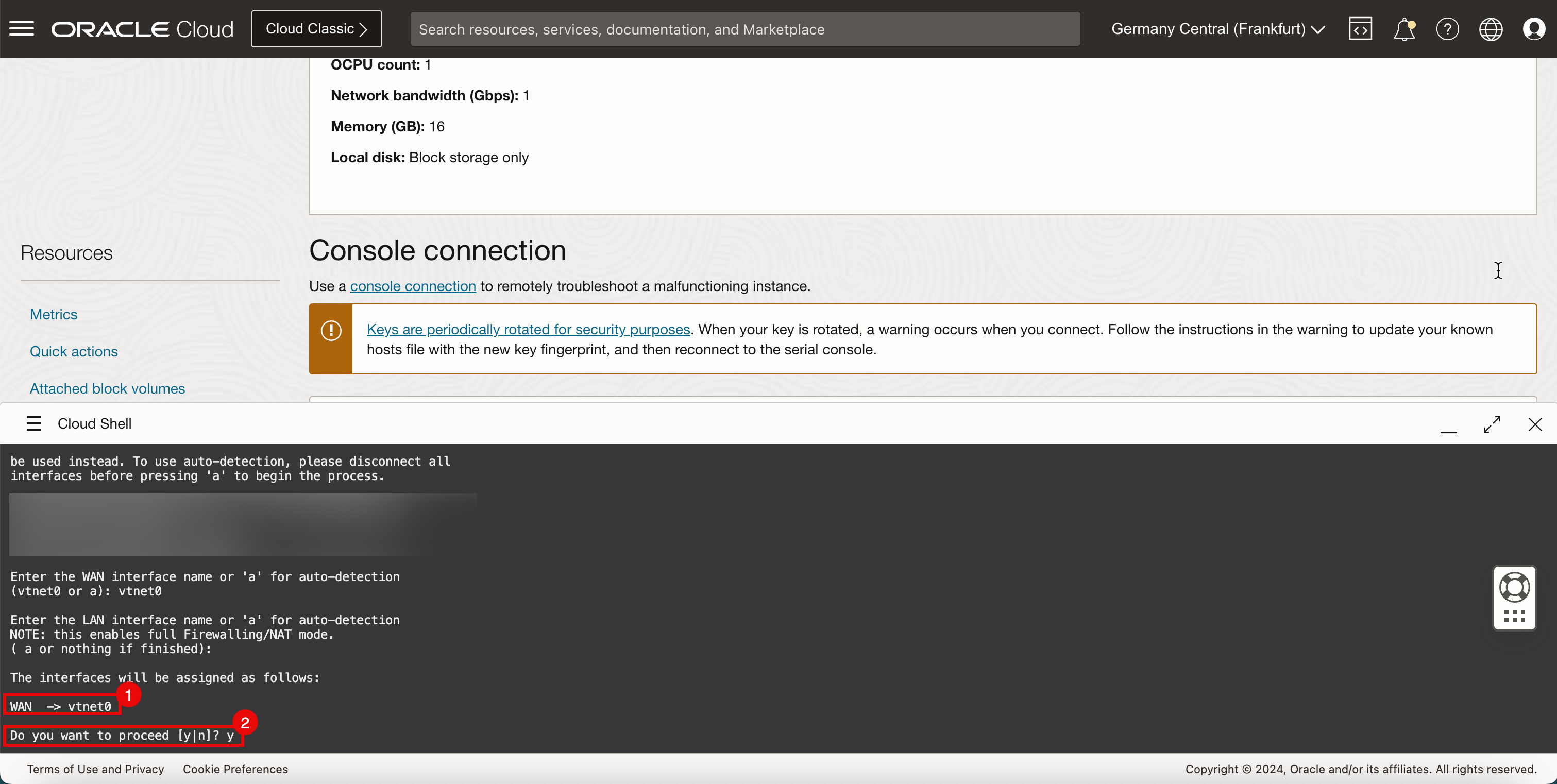

- WAN 인터페이스 이름을 확인합니다.

- Do you want to continue에 y를 입력하고 ENTER를 누릅니다.

-

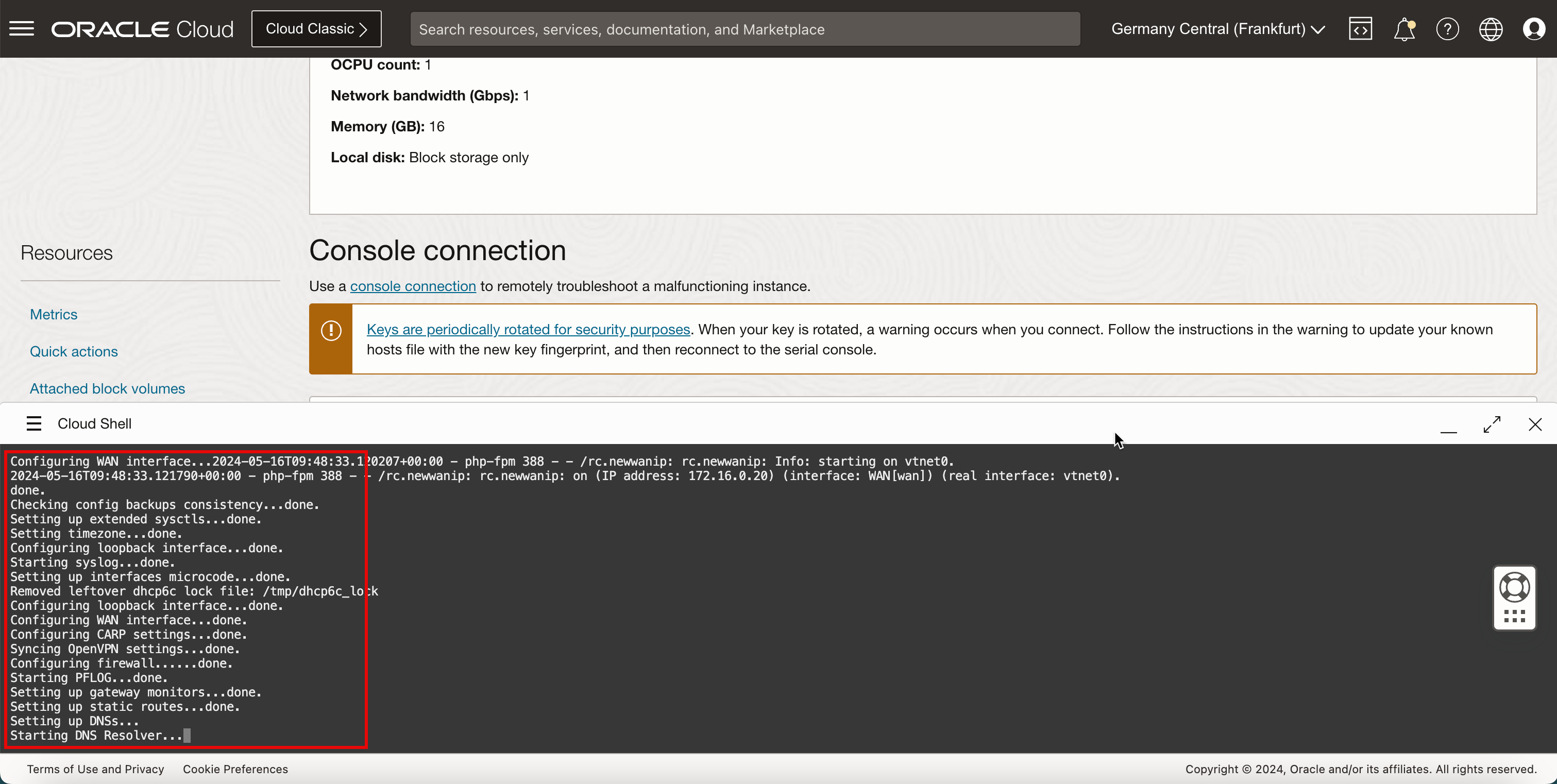

일부 메시지와 구성이 완료됩니다.

-

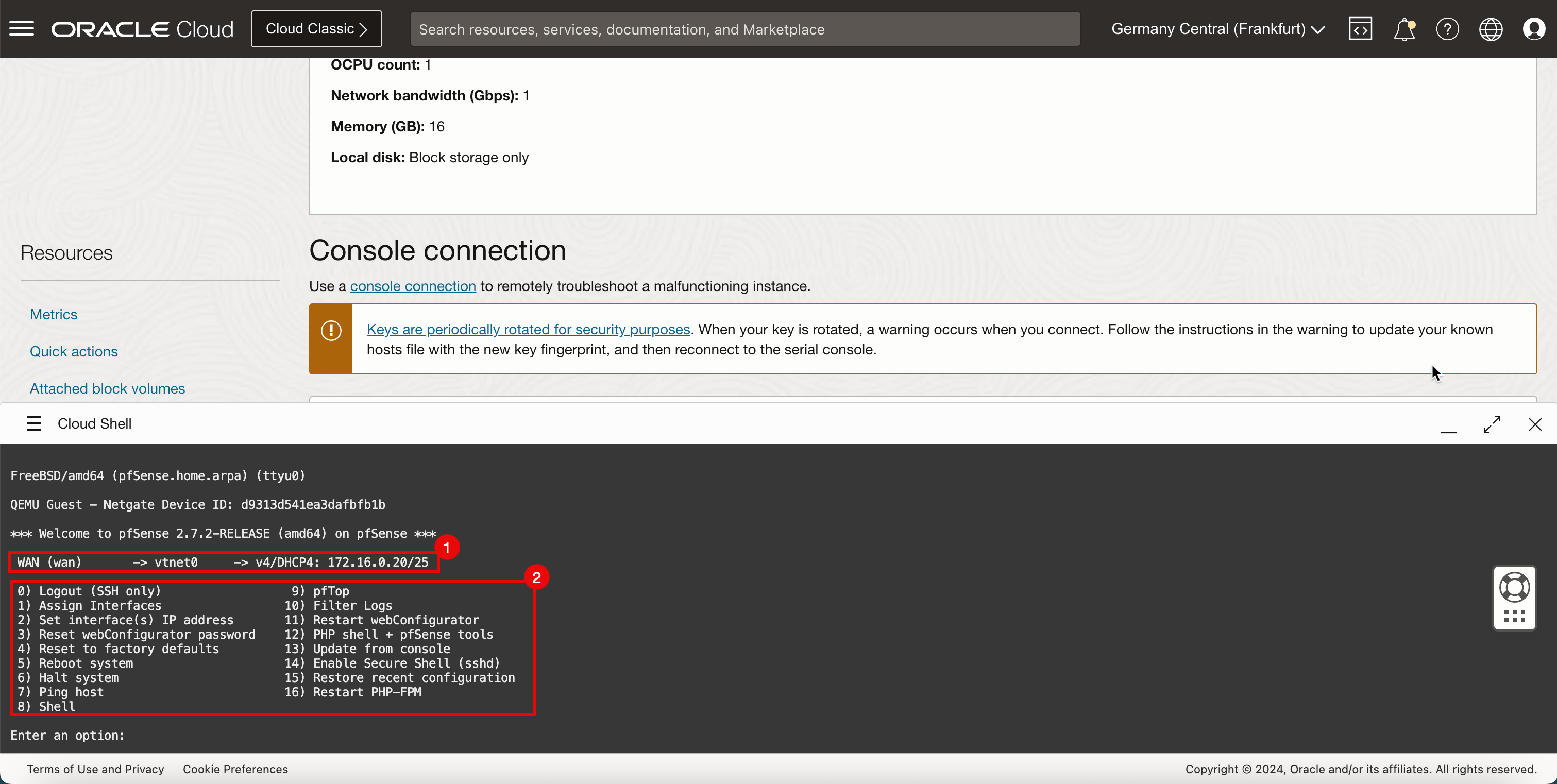

pfSense OS가 전체 부트를 수행합니다.

- DHCP를 사용하여 IP 주소가 구성되는 것을 확인할 수 있습니다.

- 몇 가지 기본 구성을 추가로 수행하려면 pfSense 메뉴를 확인합니다.

작업 7: pfSense 웹 그래픽 사용자 인터페이스(GUI)에 연결하고 초기 설정 완료

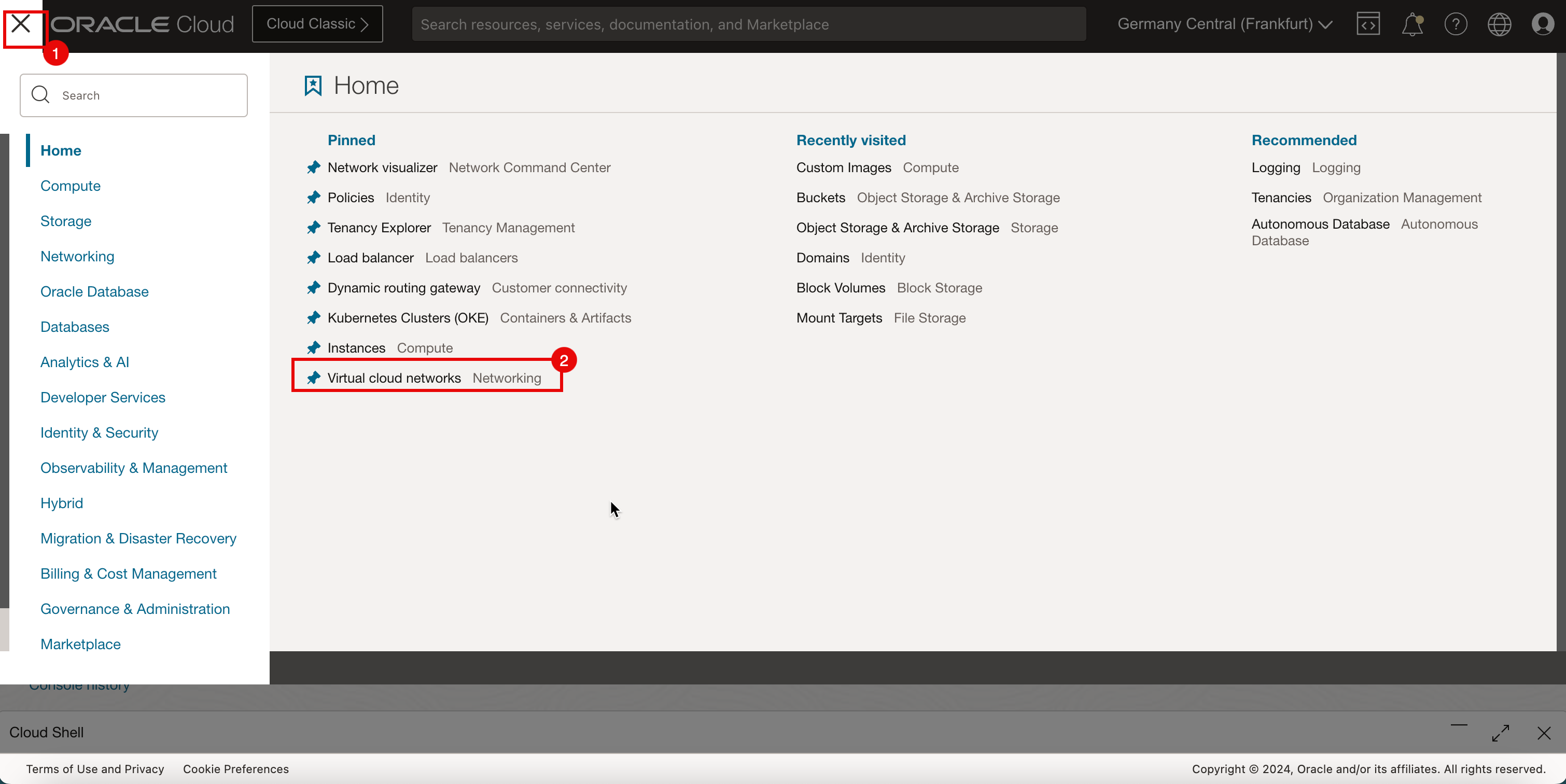

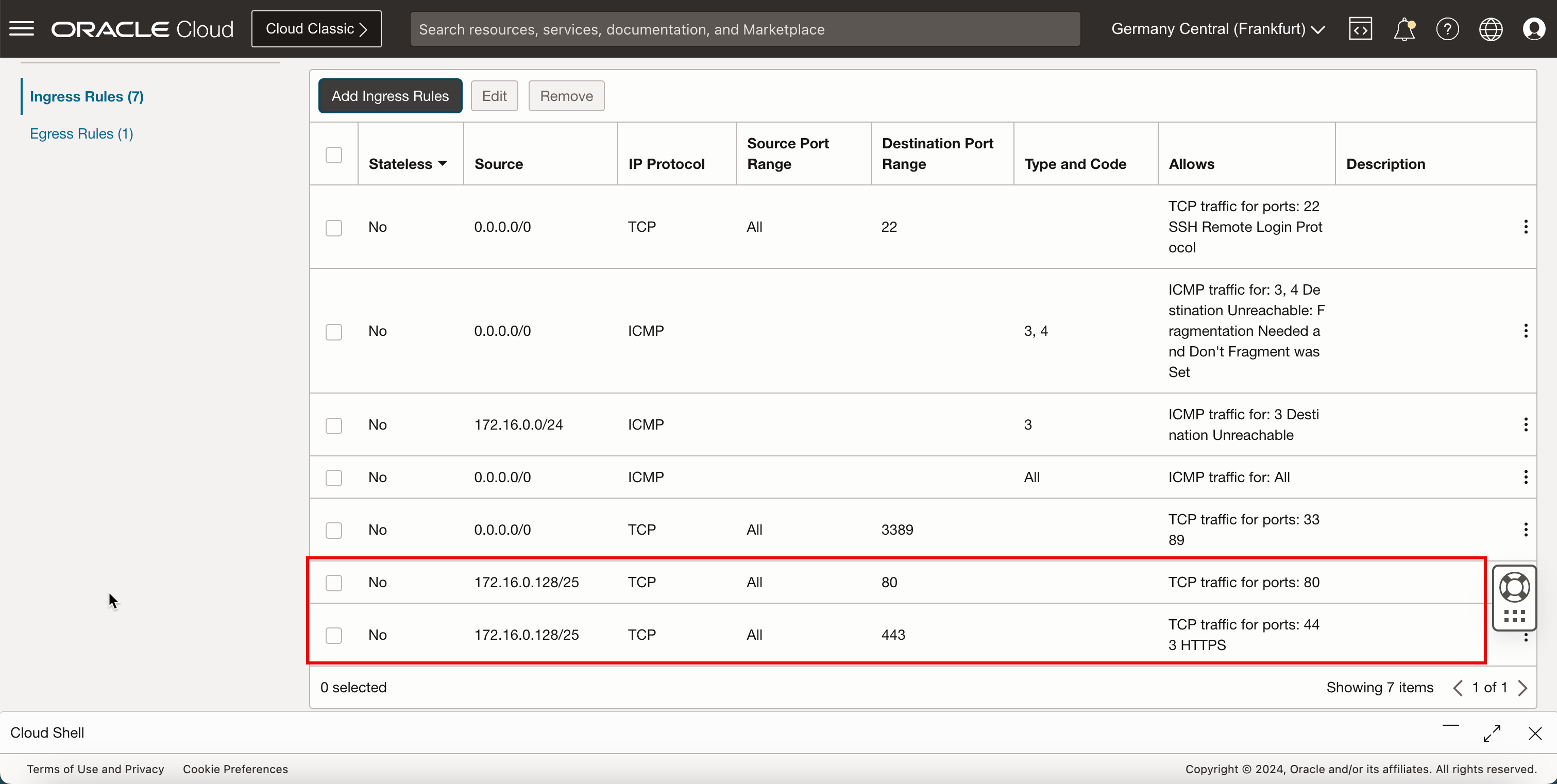

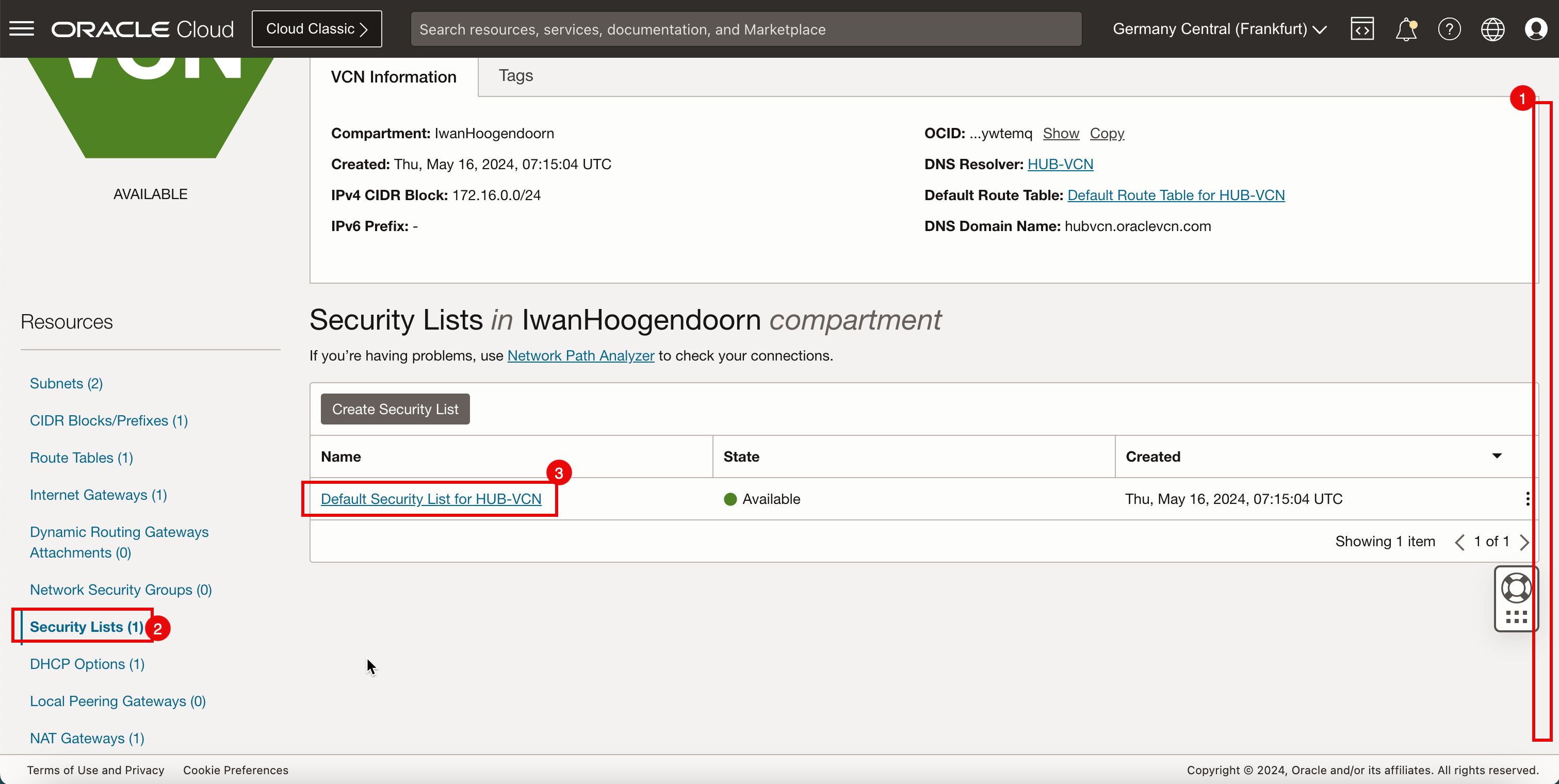

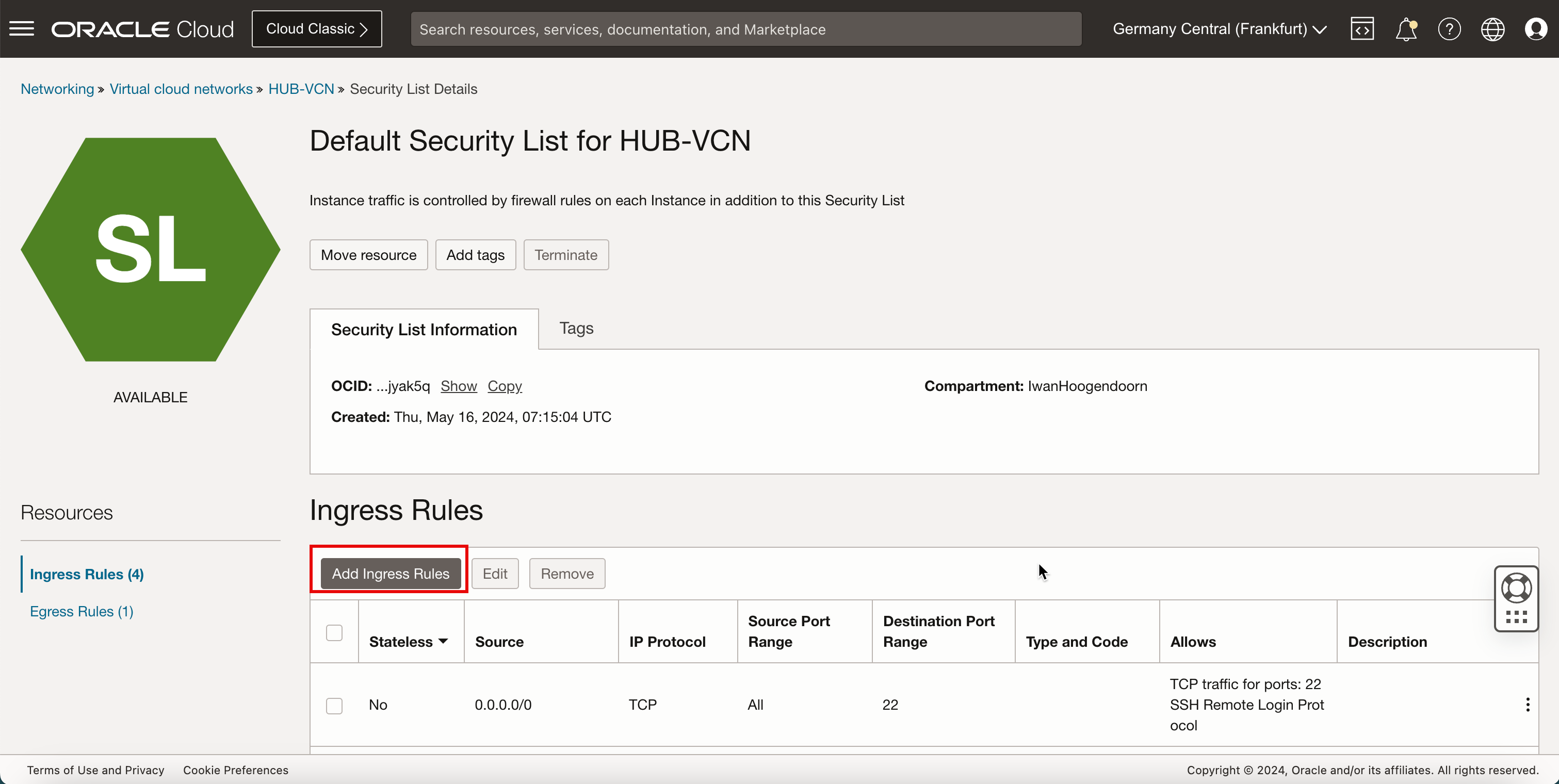

설치가 완료되었습니다. 이제 pfSense 방화벽의 웹 인터페이스에 연결해야 합니다. 하지만 그 전에 VCN의 보안 목록에 있는 일부 포트를 열어야 합니다.

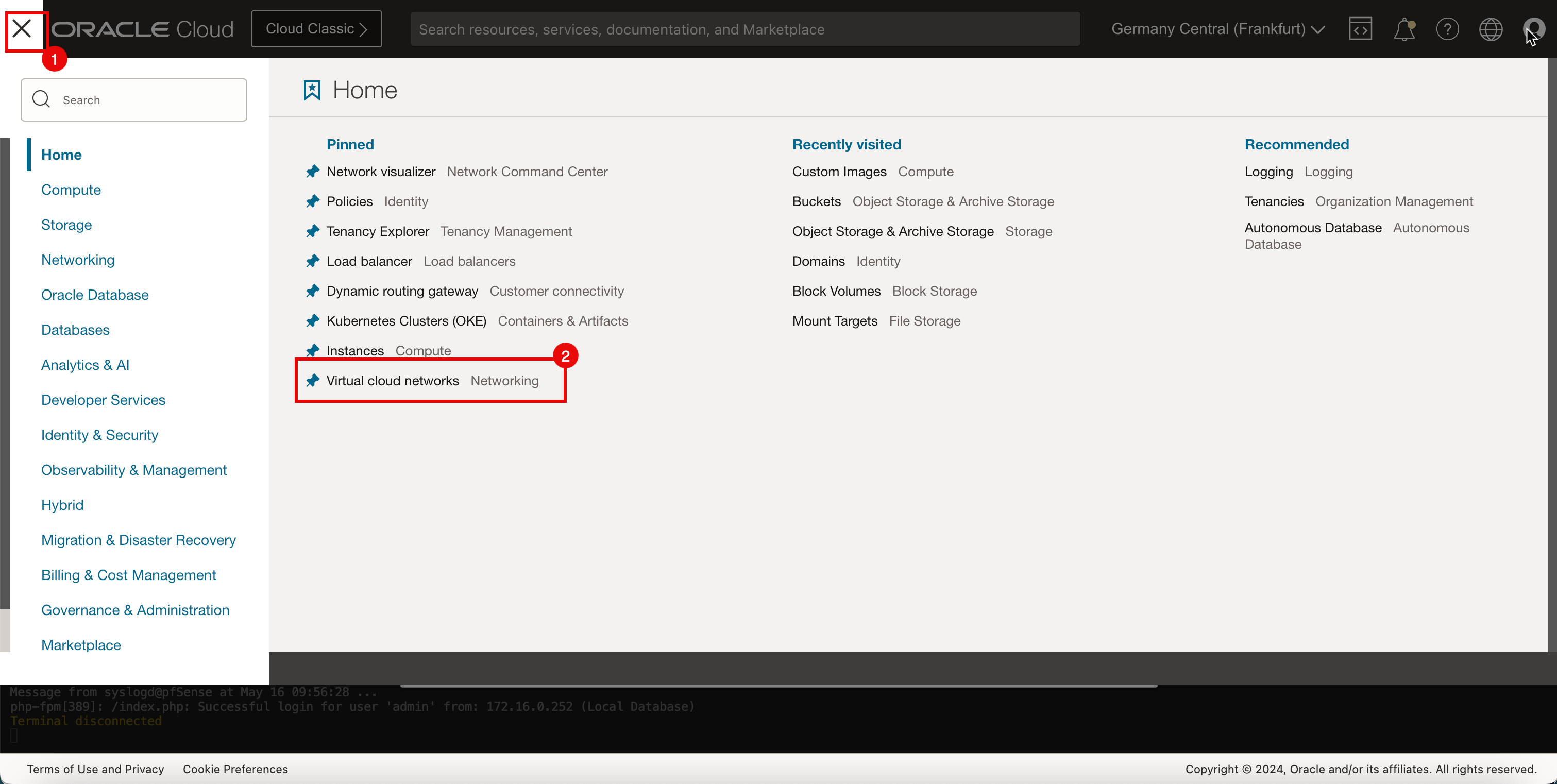

-

수신 규칙 추가.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

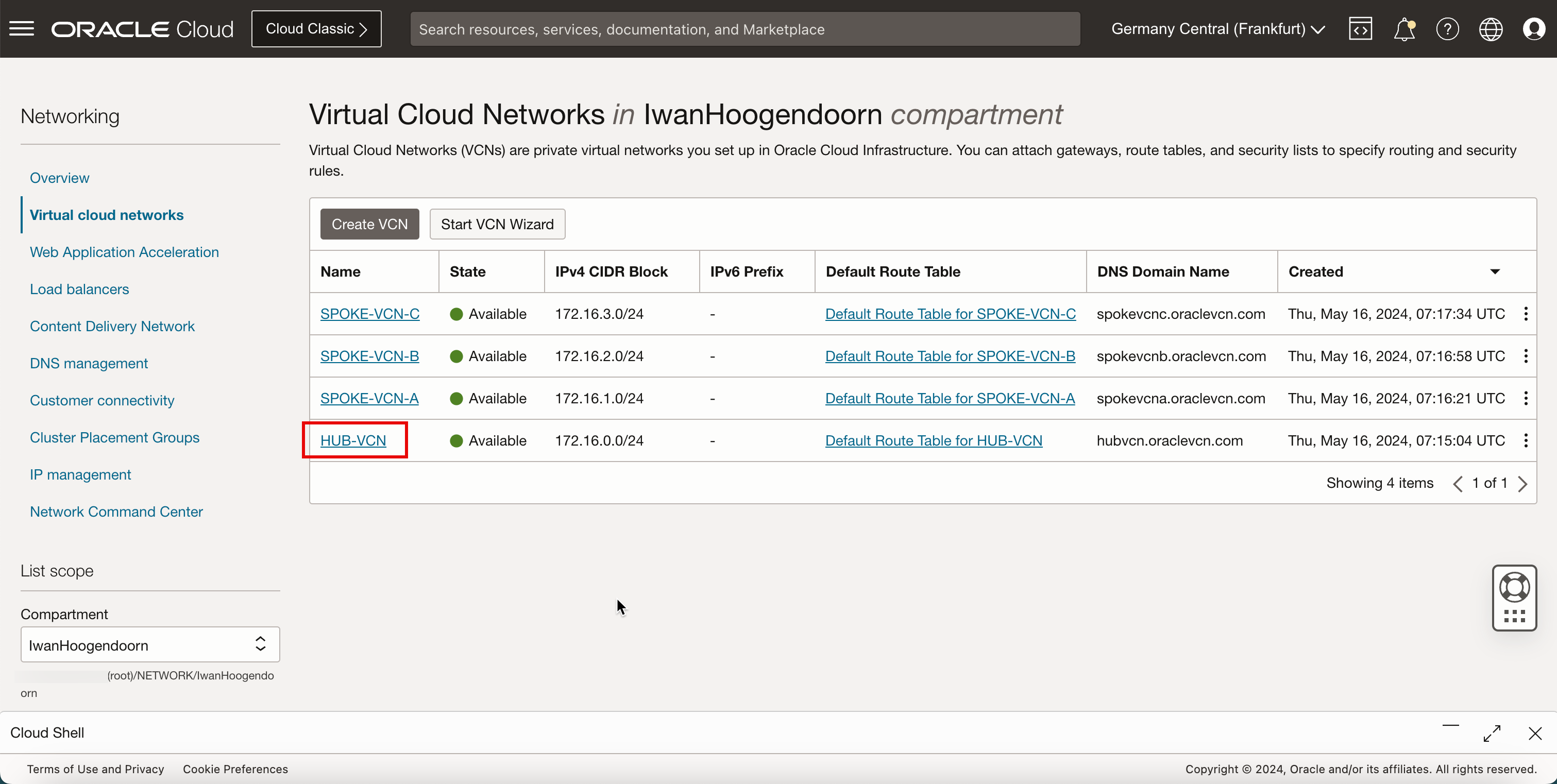

- 가상 클라우드 네트워크를 누르거나 네트워킹 및 가상 클라우드 네트워크로 이동합니다.

-

pfSense 방화벽이 연결된 VCN을 선택합니다.

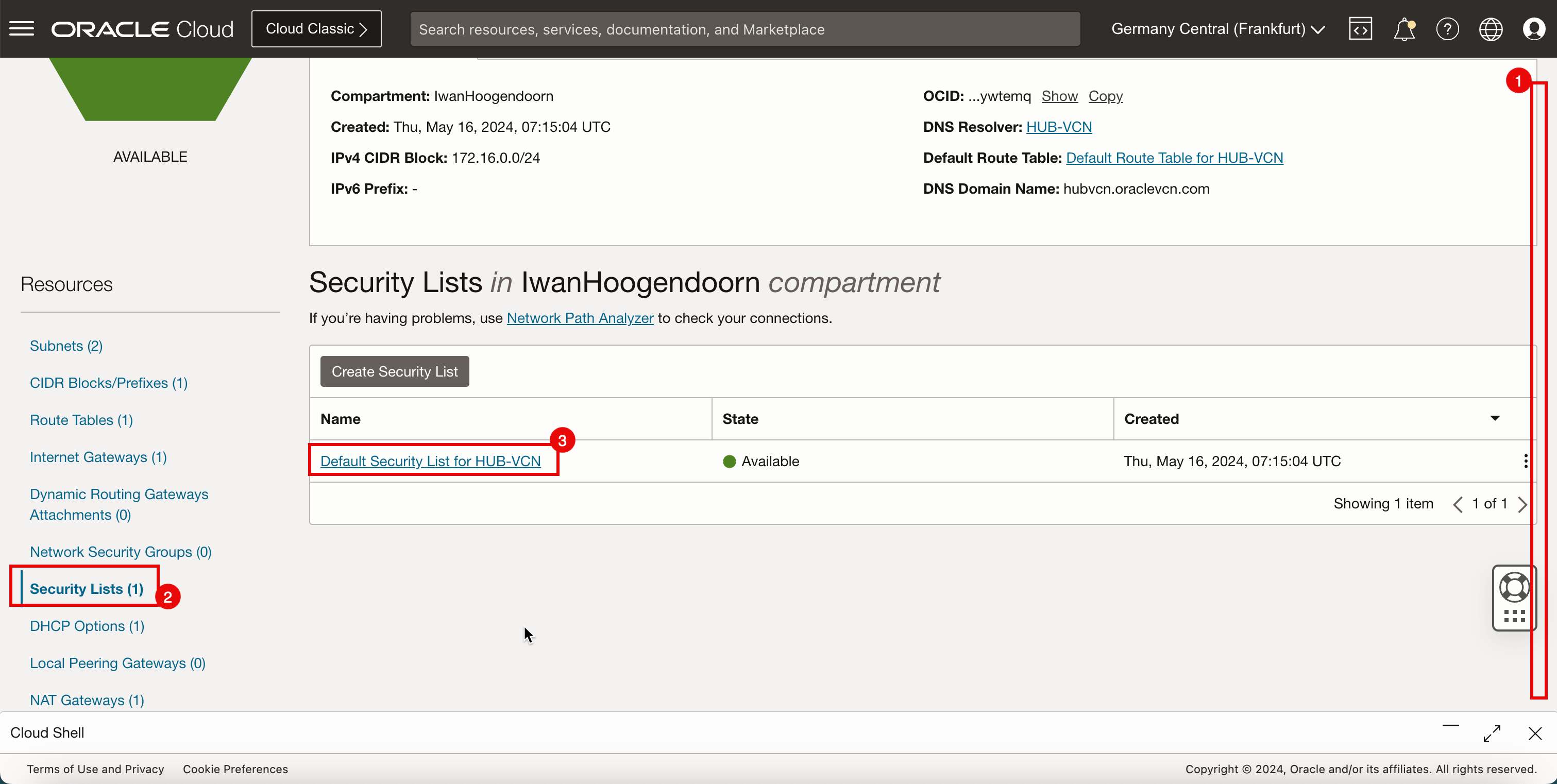

- 아래로.

- Security Lists를 누릅니다.

- HUB-VCN에 대한 기본 보안 목록을 누릅니다.

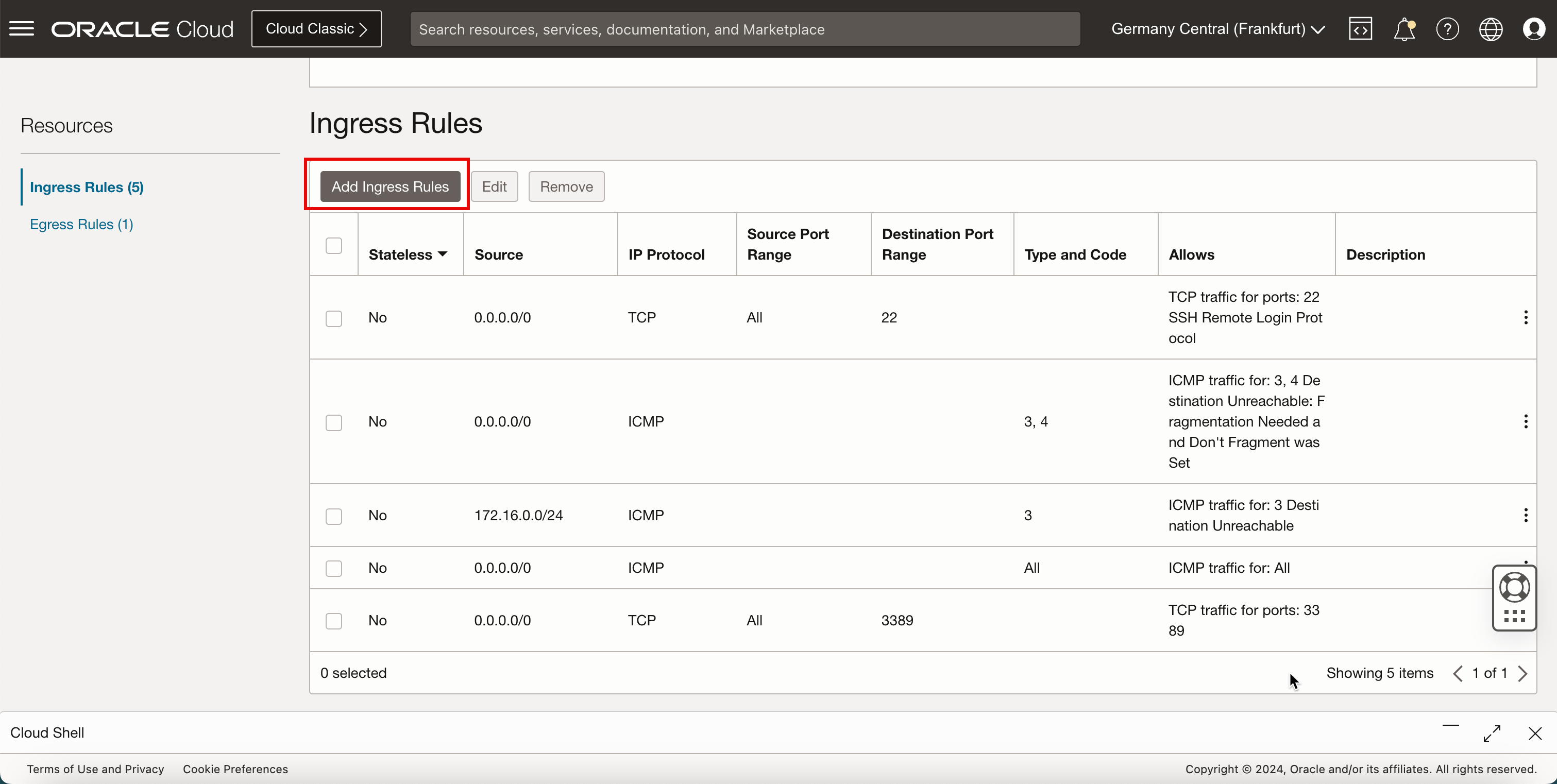

-

수신 규칙 추가를 눌러 수신 규칙을 생성합니다.

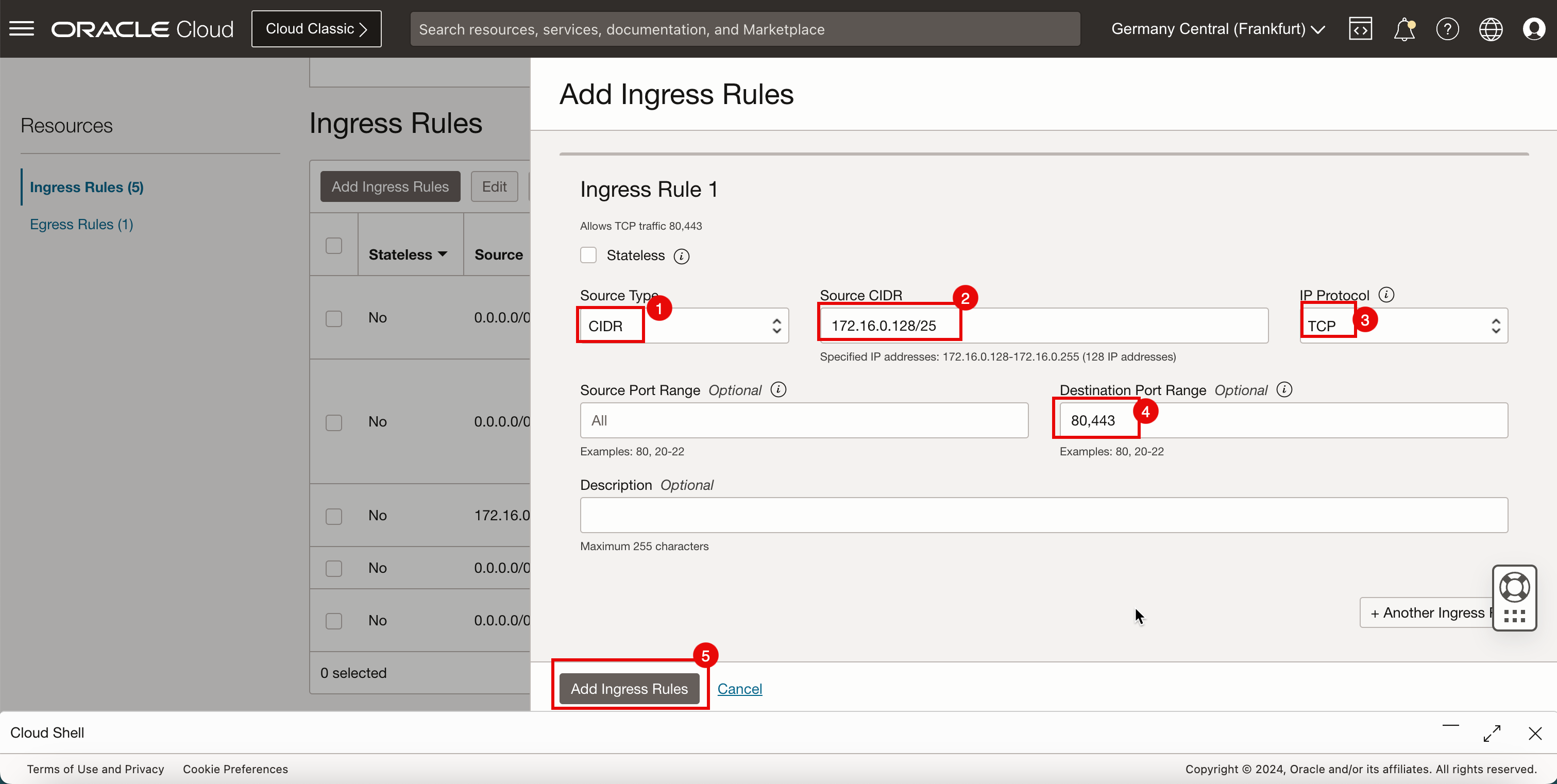

- 소스 유형에 CIDR을 입력합니다.

- 소스 CIDR에서 이 자습서에 대해

172.16.0.128/25을 입력합니다. Windows 인스턴스가 있는 서브넷으로, 브라우저를 사용하여 pfSense 방화벽에 접속하는 데 사용됩니다. - IP 프로토콜에 TCP를 입력합니다.

- 대상 포트 범위에

80,443를 입력합니다. - 수신 규칙 추가를 누릅니다.

-

VCN에 연결된 보안 목록에서 TCP/

80및 TCP/443포트를 허용하도록 보안 규칙이 추가되었습니다. 이렇게 하면 Windows 인스턴스에서 이 새 pfSense 방화벽 인스턴스로 HTTP 및 HTTPS 접속을 설정할 수 있습니다.

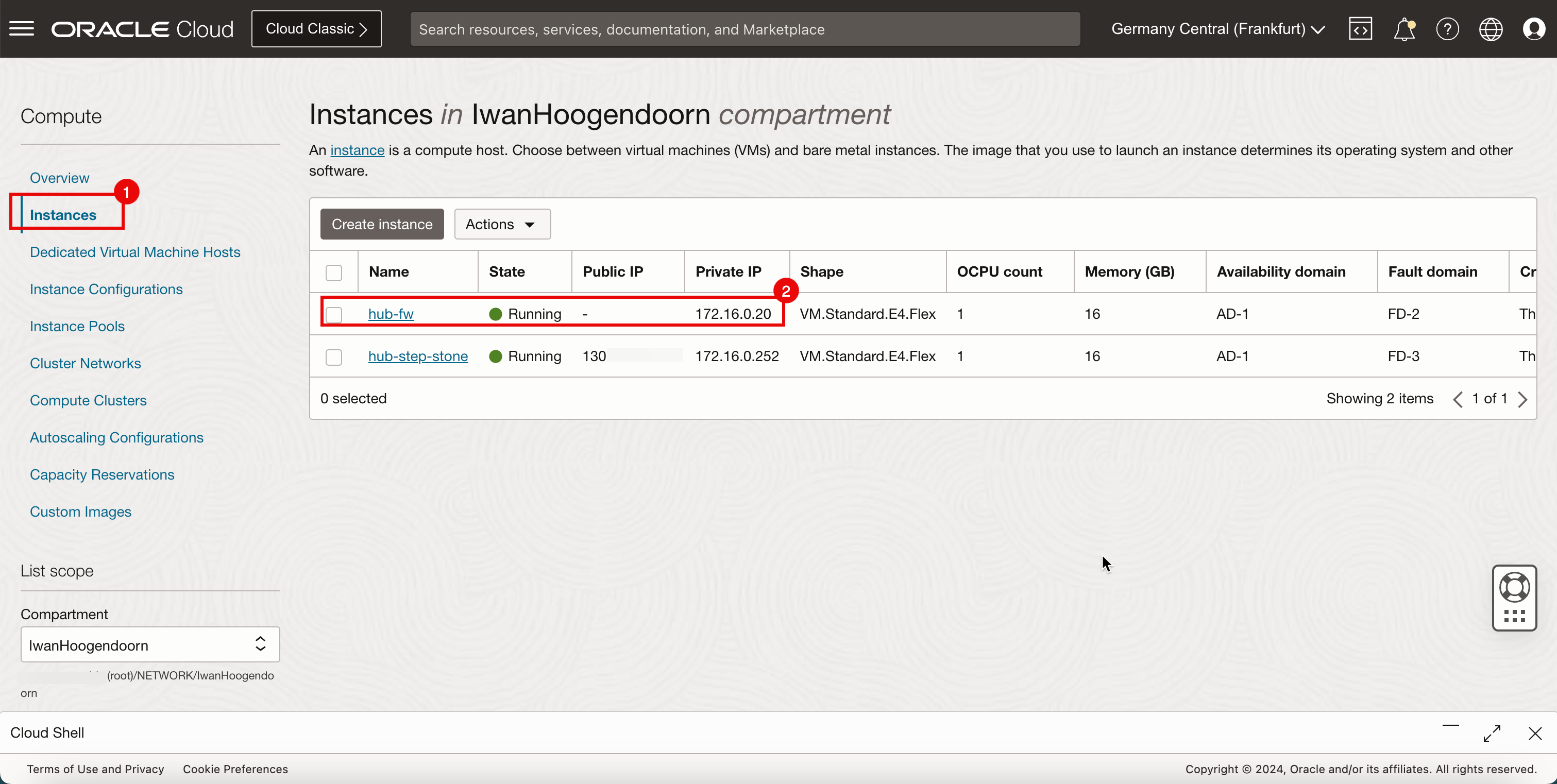

- 컴퓨트 및 인스턴스로 이동합니다.

- pfSense 방화벽 IP 주소를 기록해 둡니다.

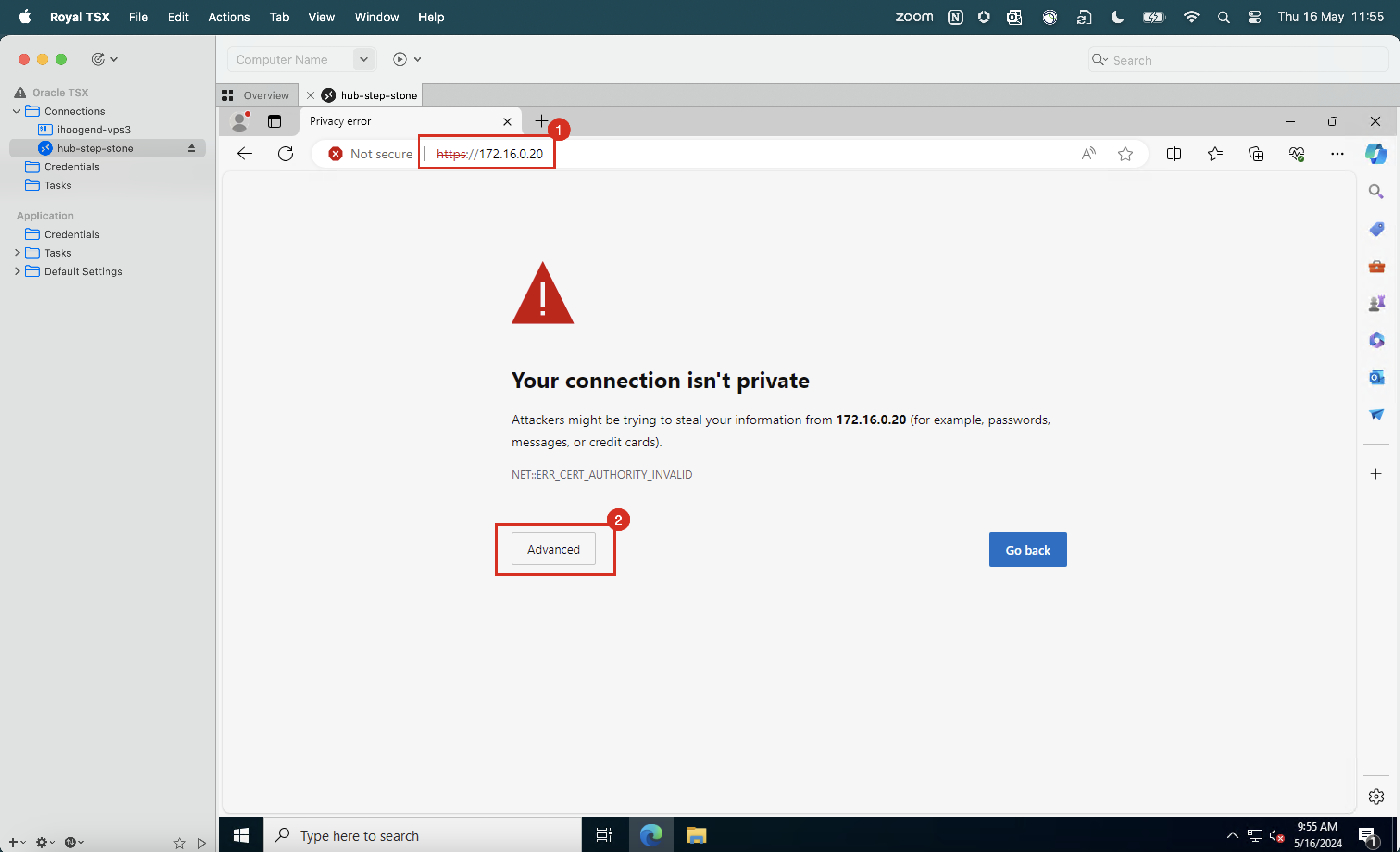

- Windows 인스턴스에서 브라우저를 열고 HTTPS를 사용하여 pfSense 방화벽 IP로 이동합니다.

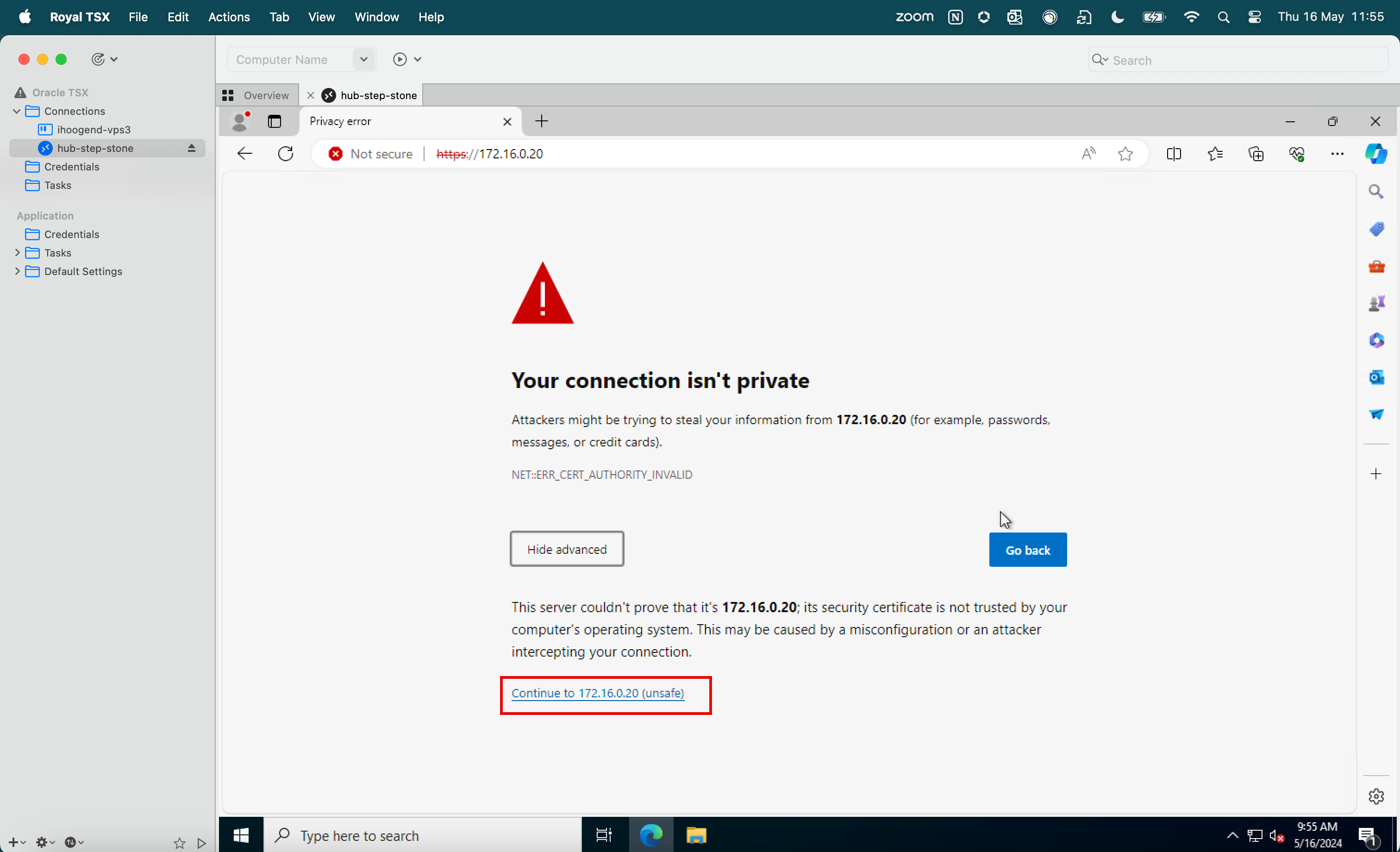

- 고급을 누릅니다.

-

계속을 누릅니다.

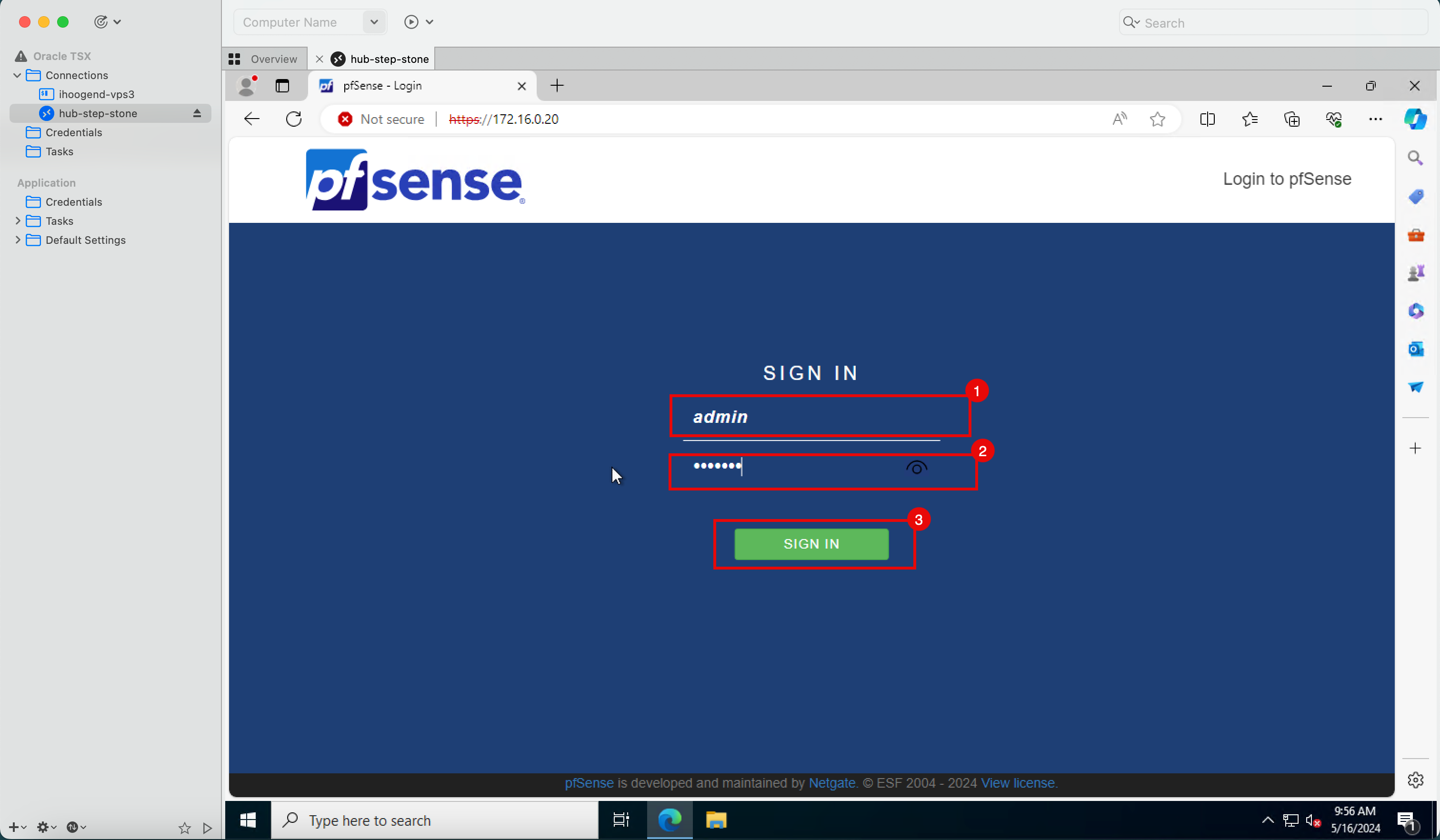

- 기본 유저 이름

admin을 입력합니다. - 기본 암호로

pfsense를 입력합니다. - 사인인을 누릅니다.

- 기본 유저 이름

-

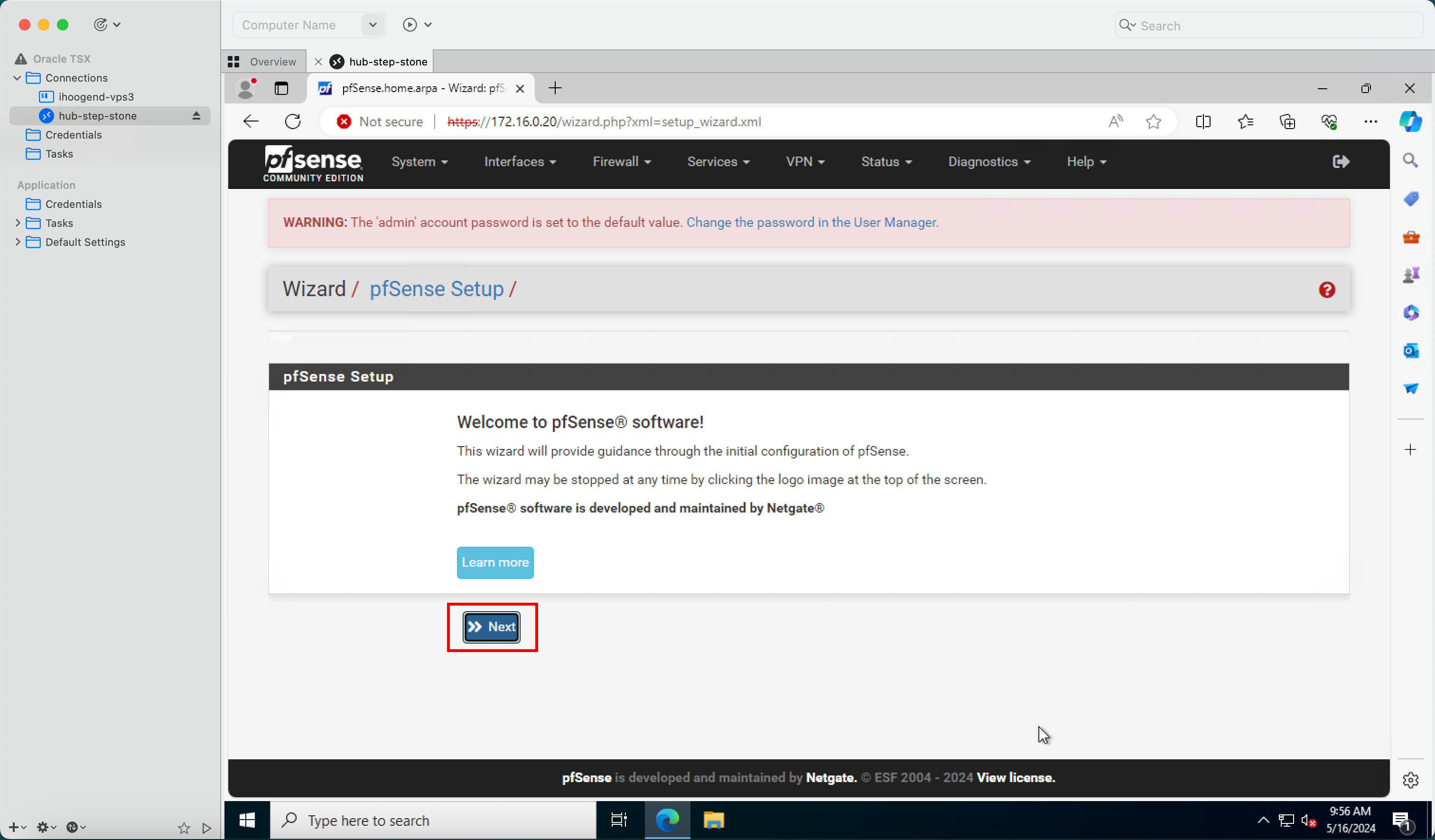

다음을 누릅니다.

-

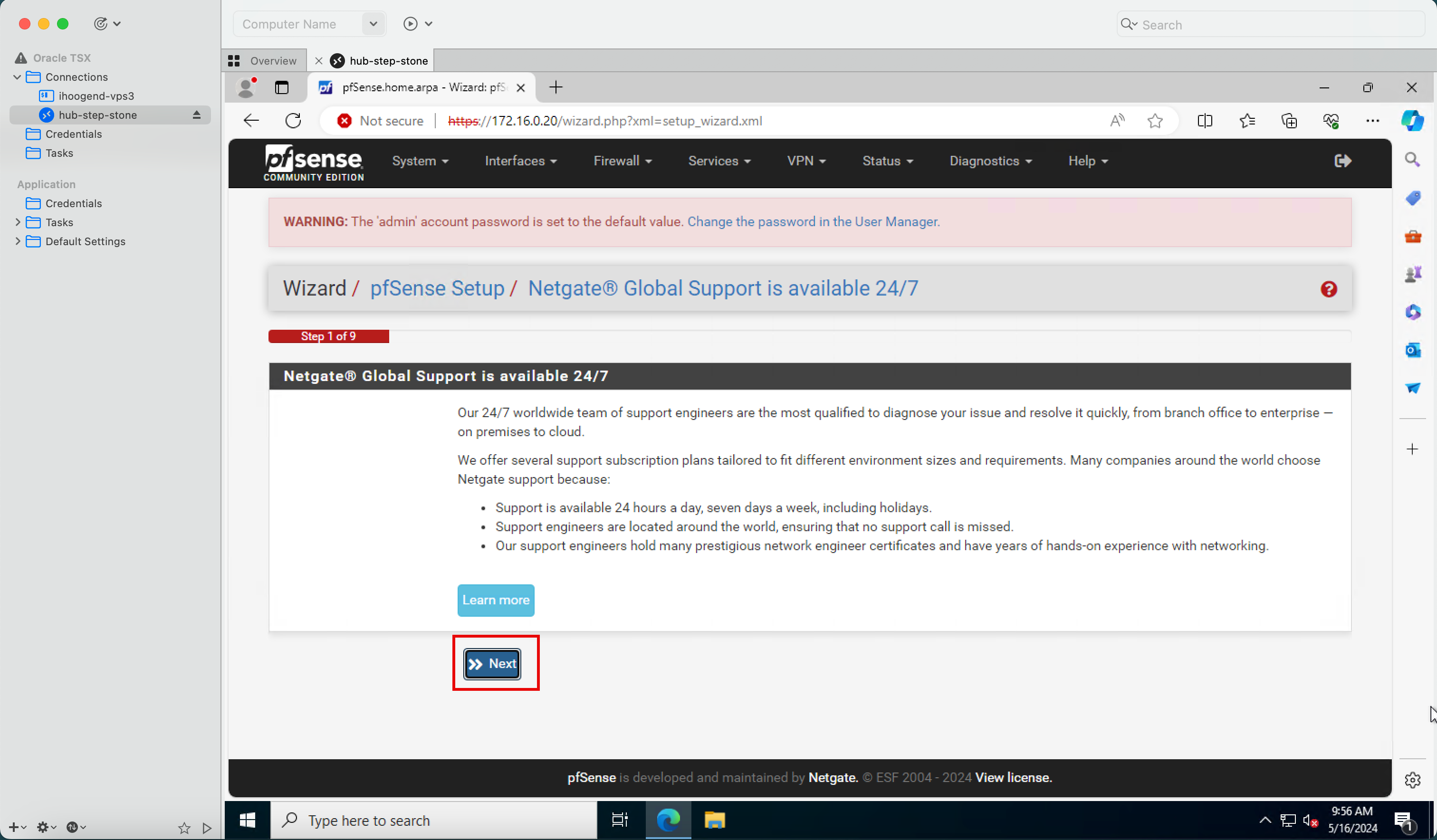

다음을 누릅니다.

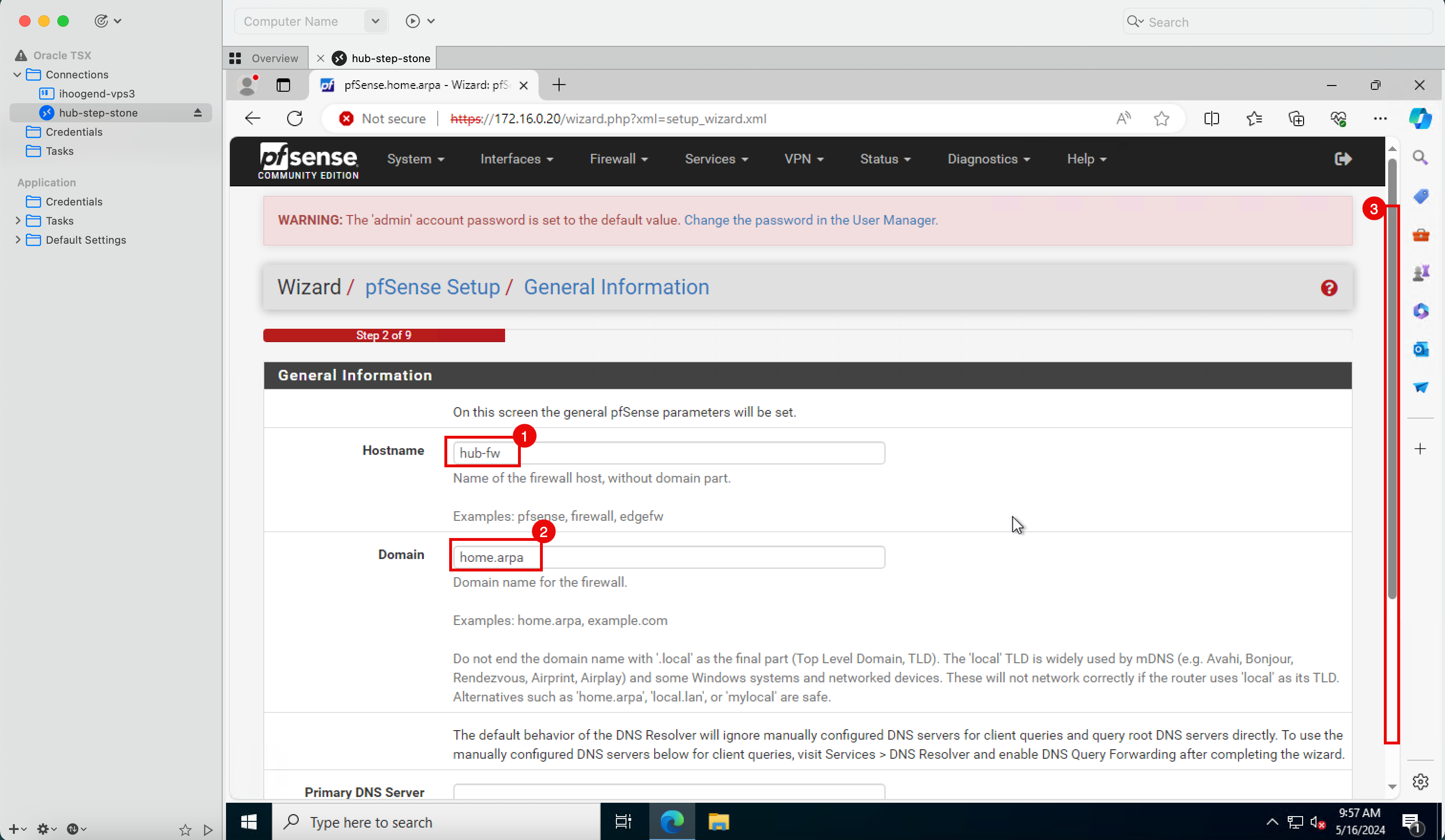

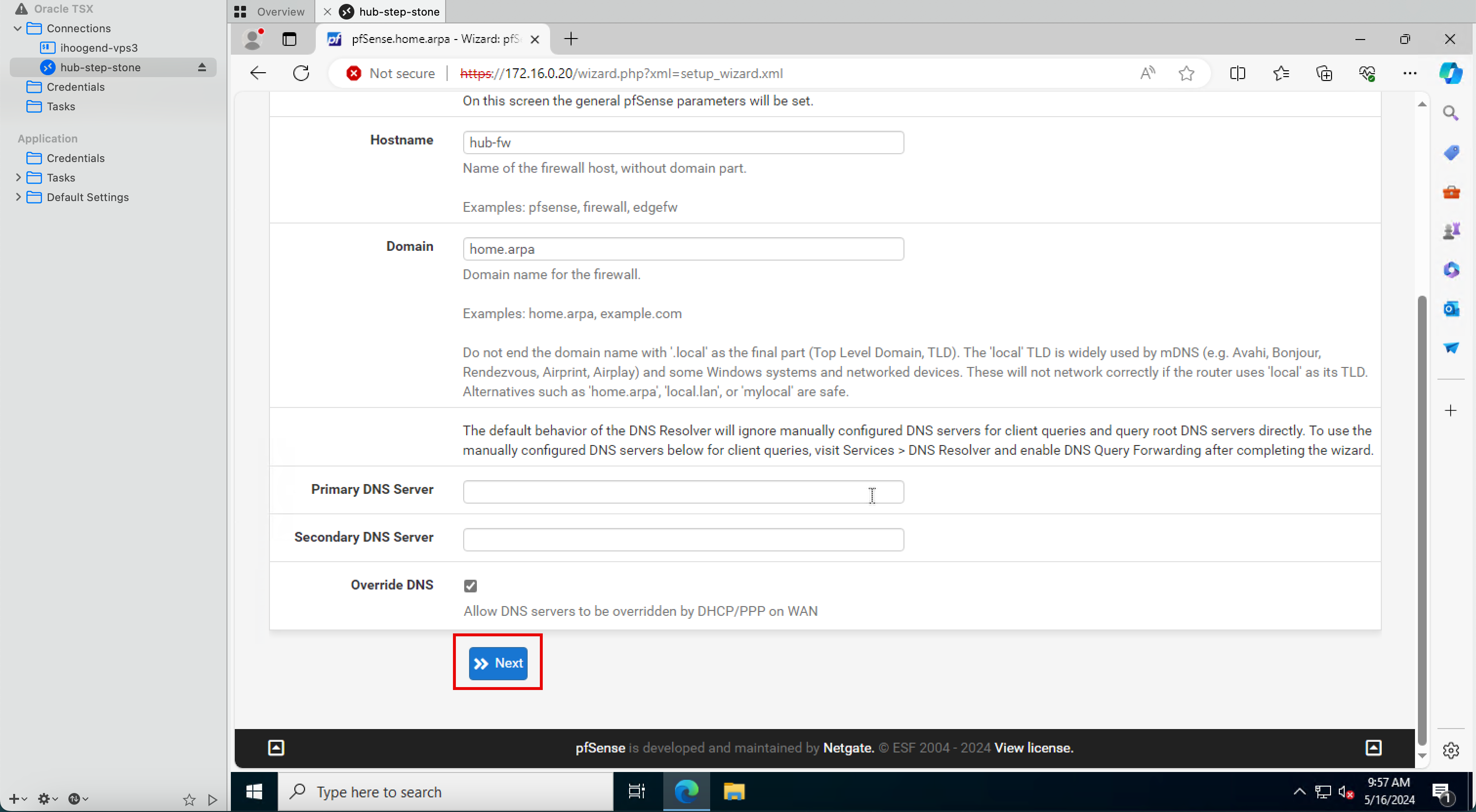

- 호스트 이름 입력.

- 도메인 이름을 입력하거나 도메인 이름을 기본값으로 유지합니다.

- 아래로.

-

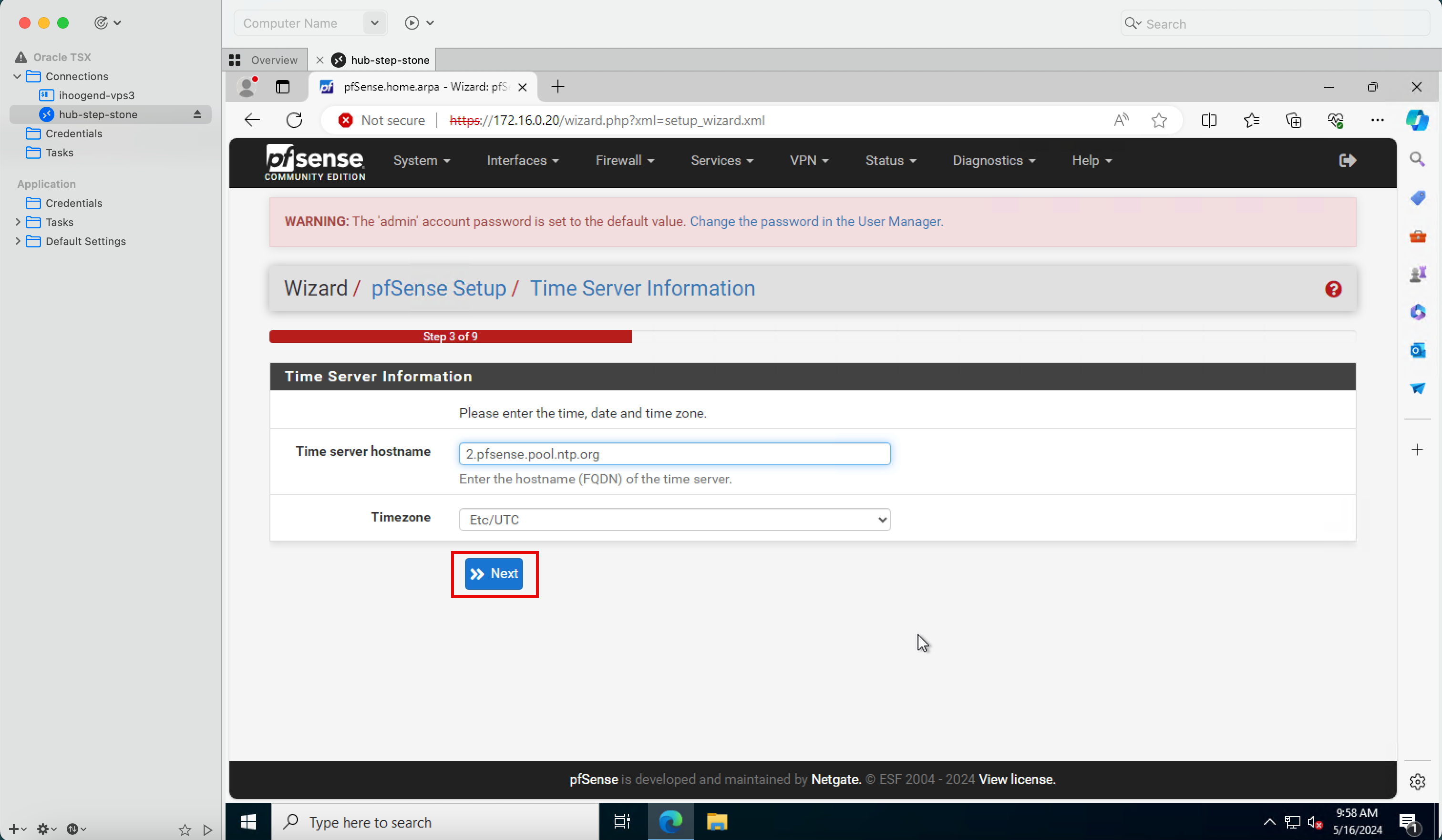

다음을 누릅니다.

-

다음을 누릅니다.

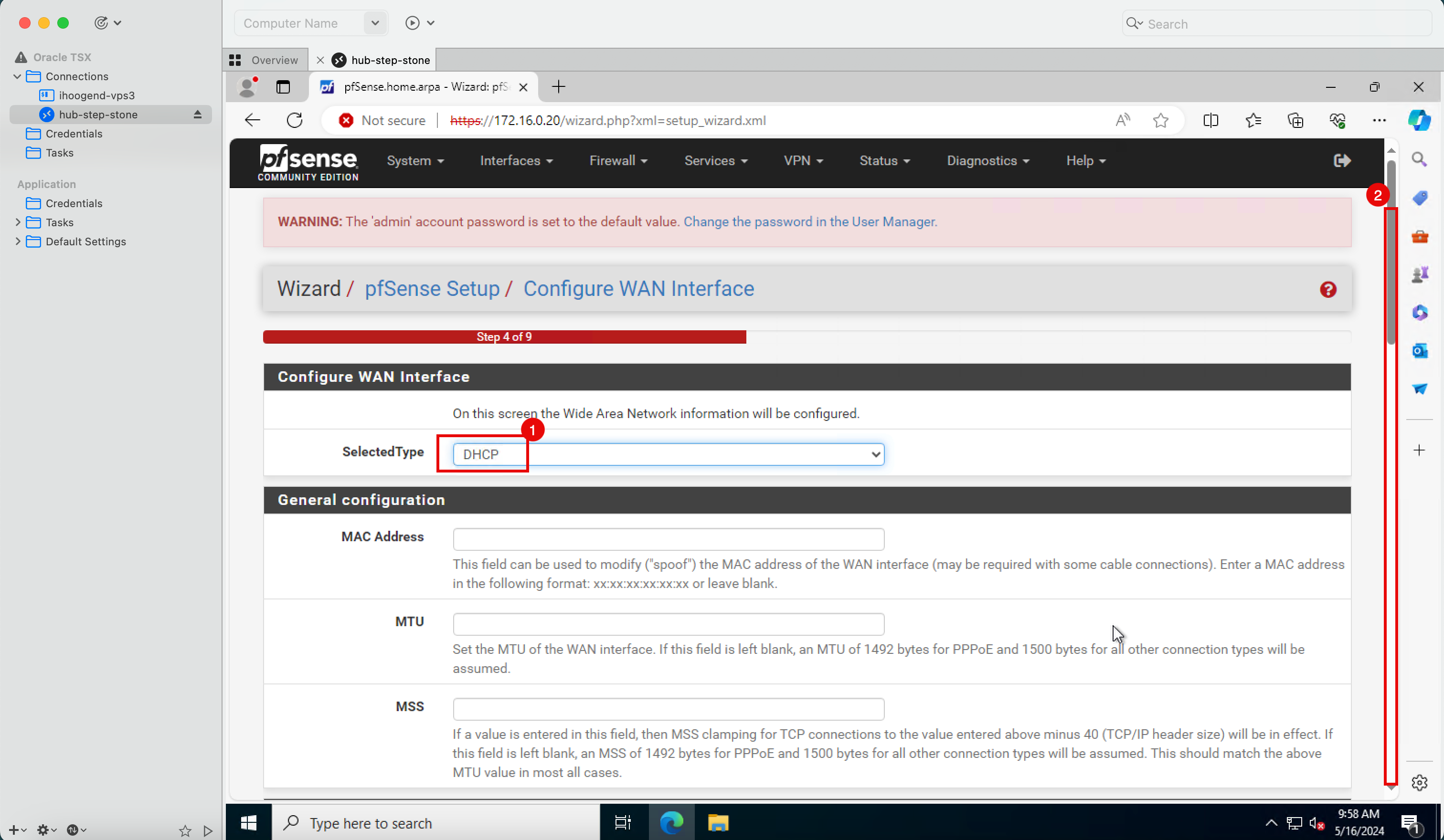

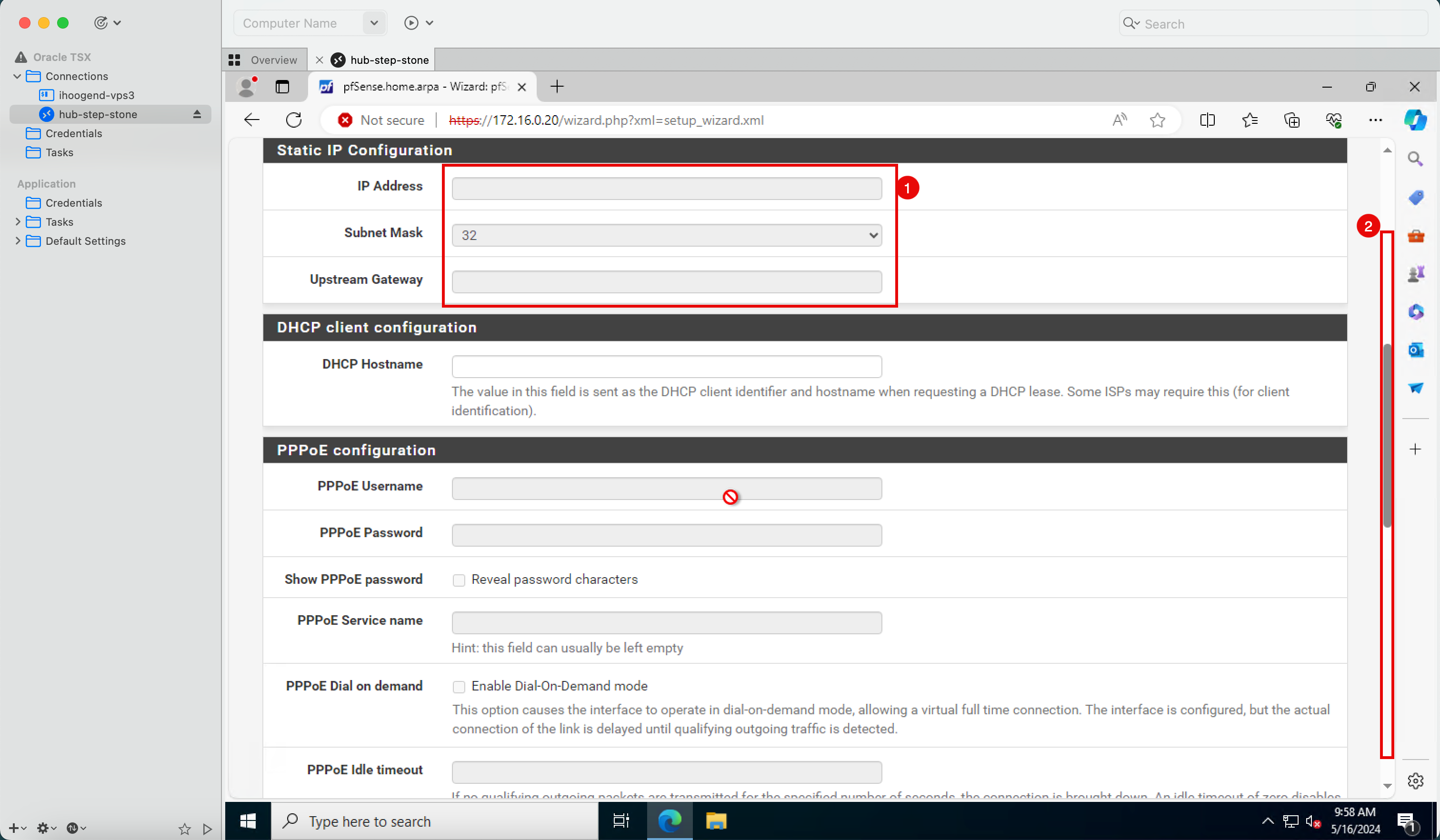

주: 네트워크를 사용하는 경우 인스턴스를 생성하는 동안 정적 IPv4 주소를 사용하도록 지정한 것처럼 약간 이상하게 보일 수 있습니다. 이 특정 경우에 작동 방식은 Oracle이 DHCP 서버에 정적 IP를 예약하고 이 주소를 pfSense 방화벽에 지정하는 것입니다. 따라서 pfSense 방화벽은 항상 동일한 IP 주소를 얻지만, OCI 관점에서 이 IP는 정적 IP가 되며 pfSense 관점에서 DHCP 주소가 됩니다.

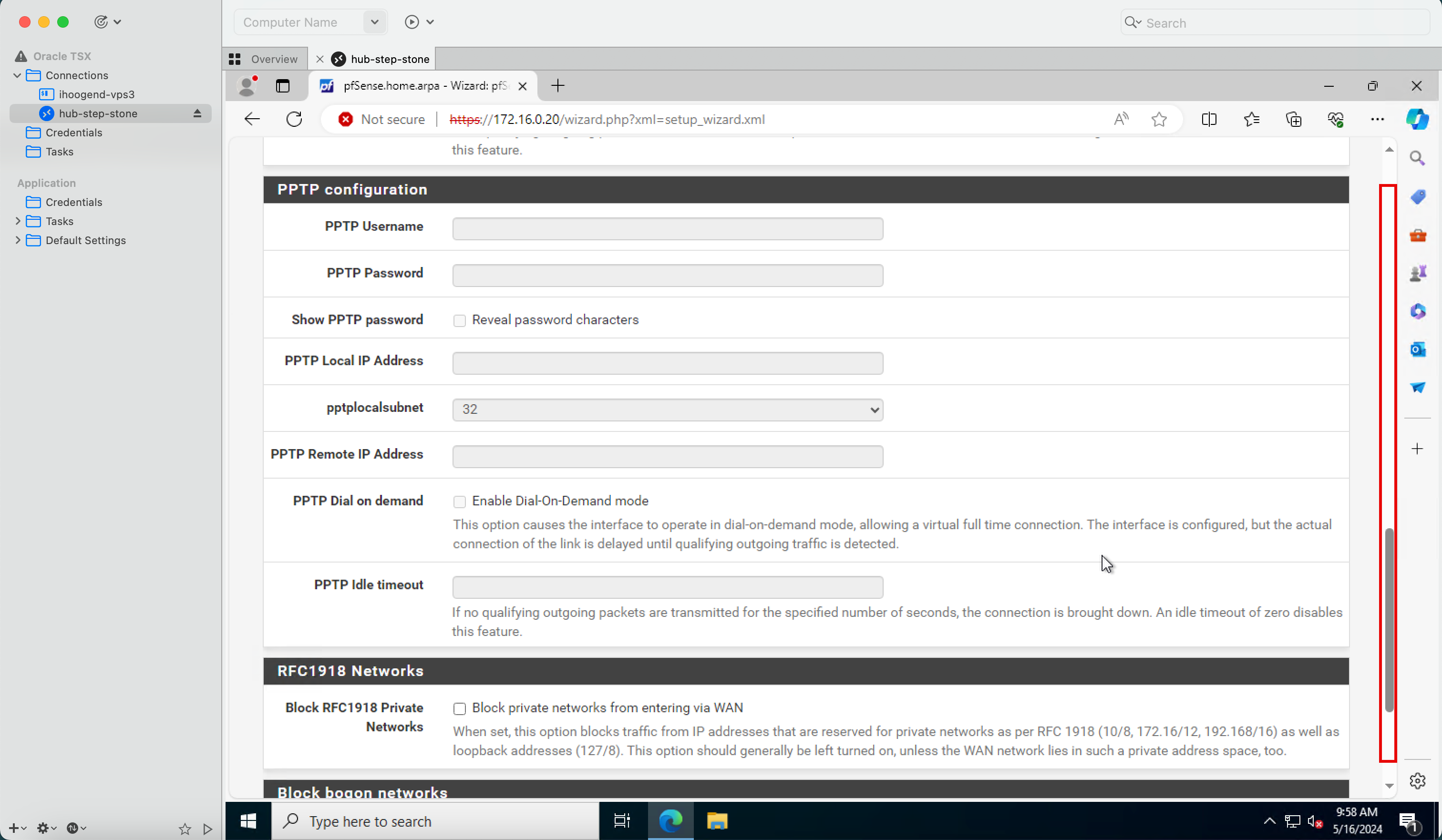

- WAN 인터페이스 구성에서 DHCP를 선택합니다.

- 아래로.

- 모든 IP 주소 설정을 기본값으로 유지합니다.

- 아래로.

-

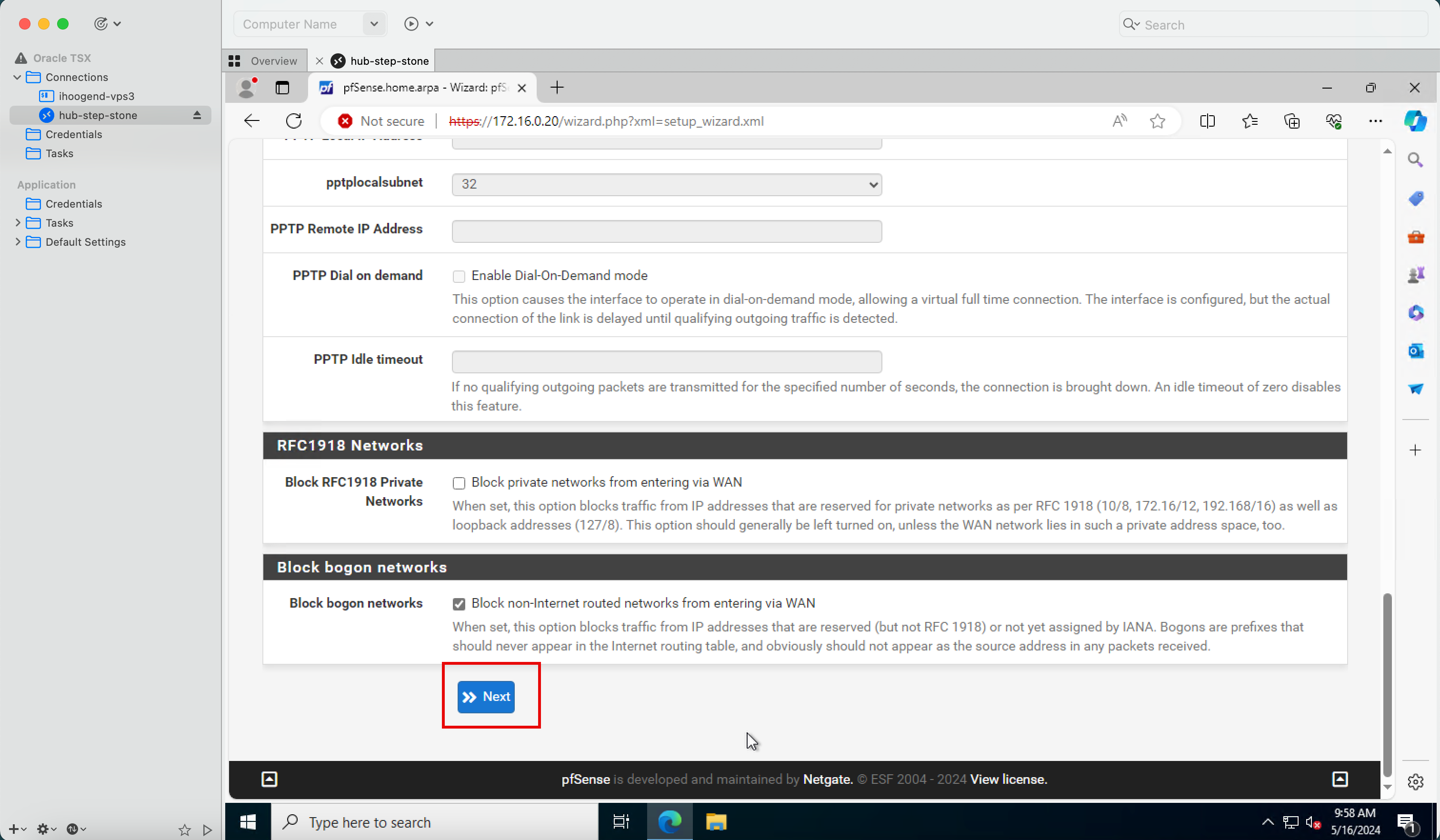

아래로.

-

다음을 누릅니다.

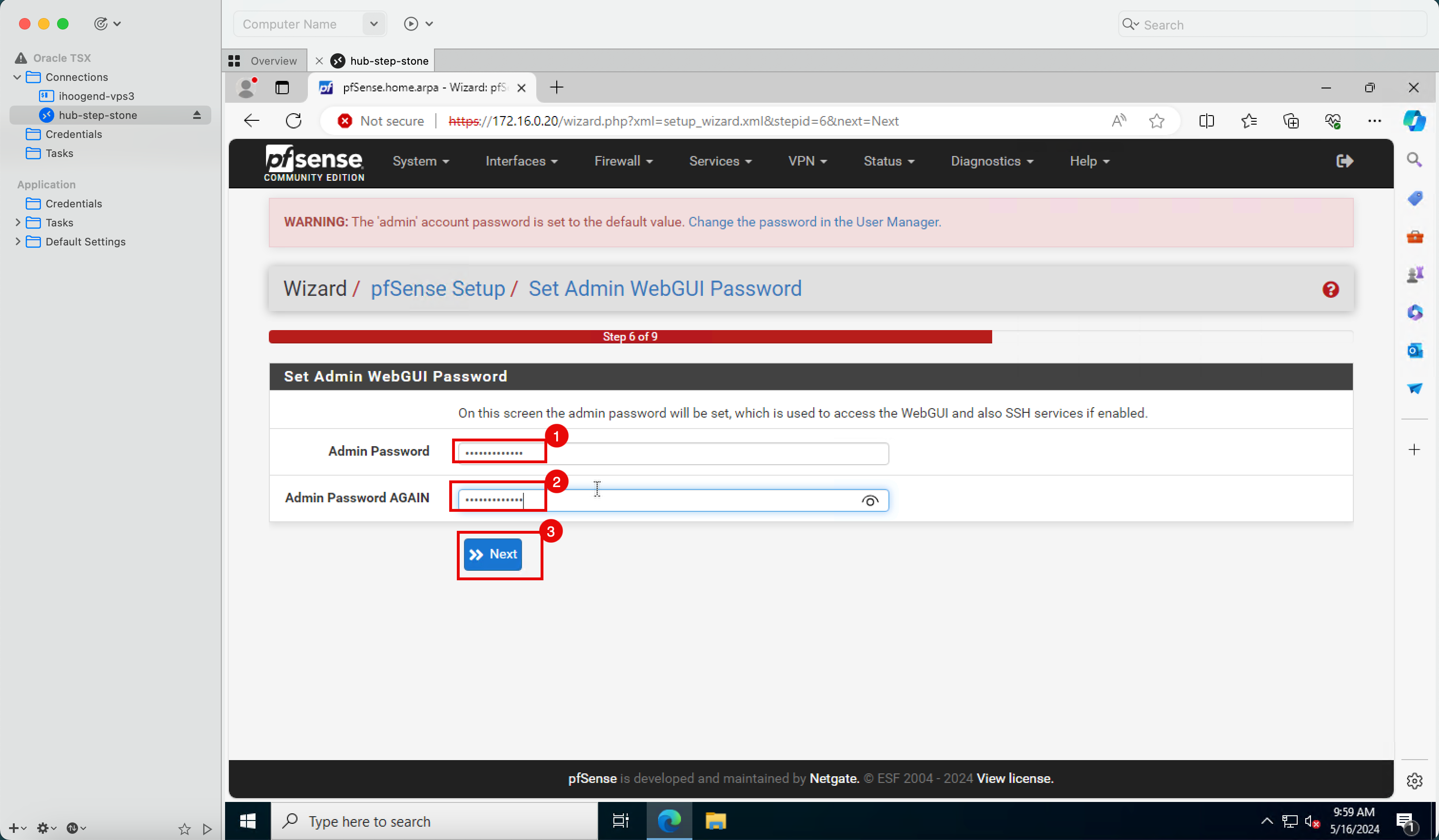

- 새 관리자 비밀번호를 입력하십시오.

- 관리자 비밀번호를 다시 입력하십시오.

- 다음을 누릅니다.

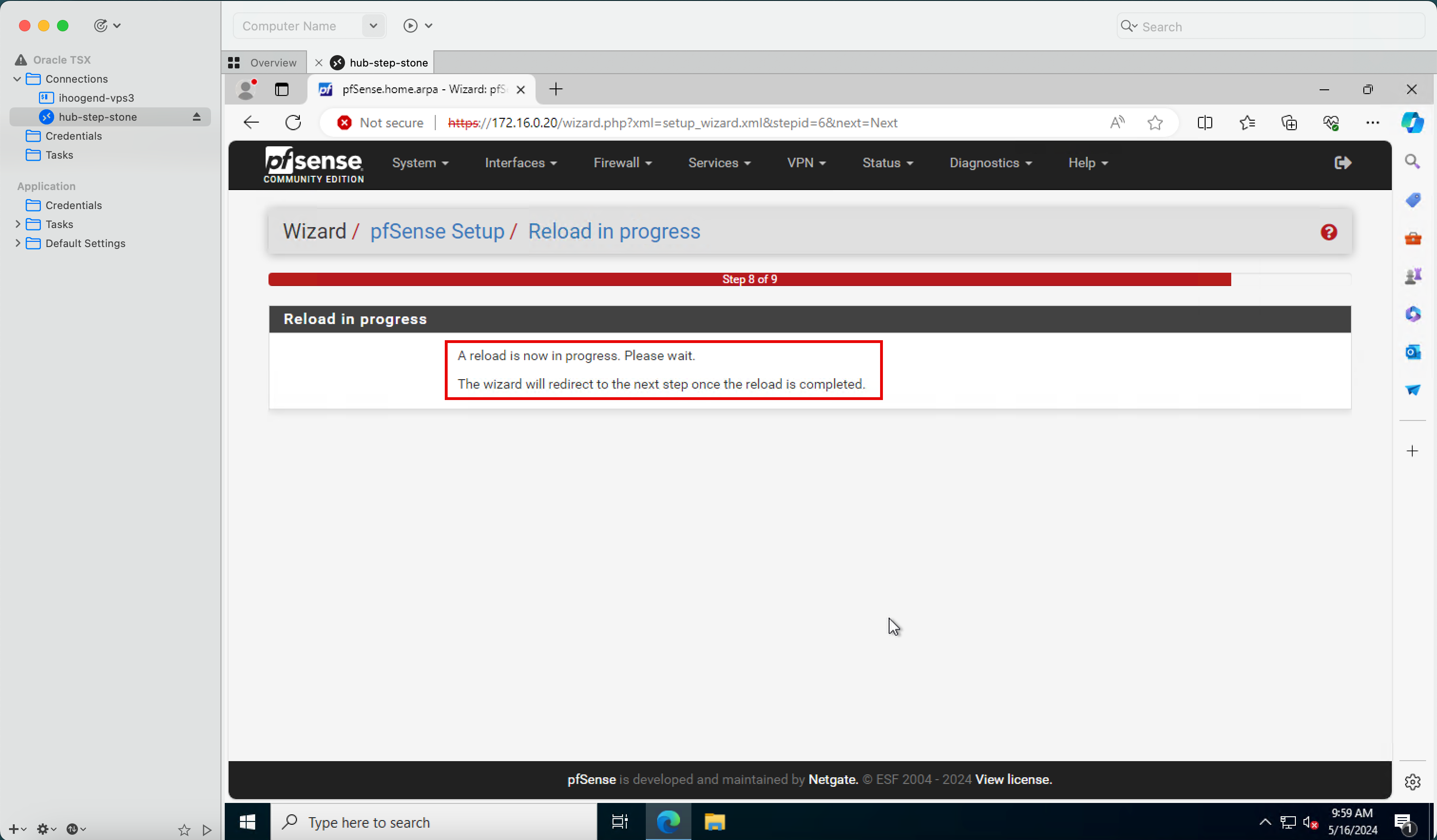

-

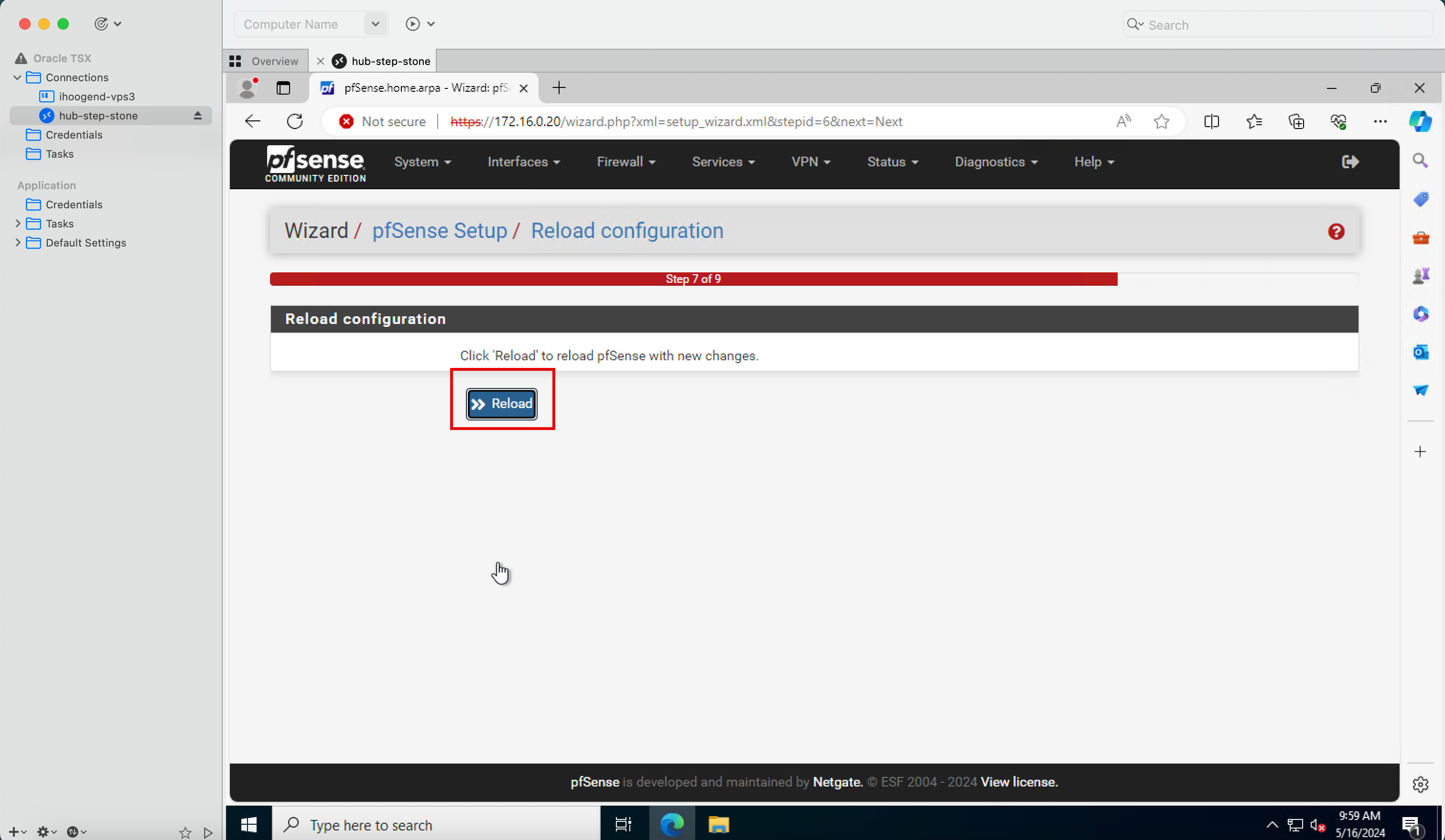

재로드를 누릅니다.

-

pfSense 방화벽 구성이 다시 로드됩니다.

-

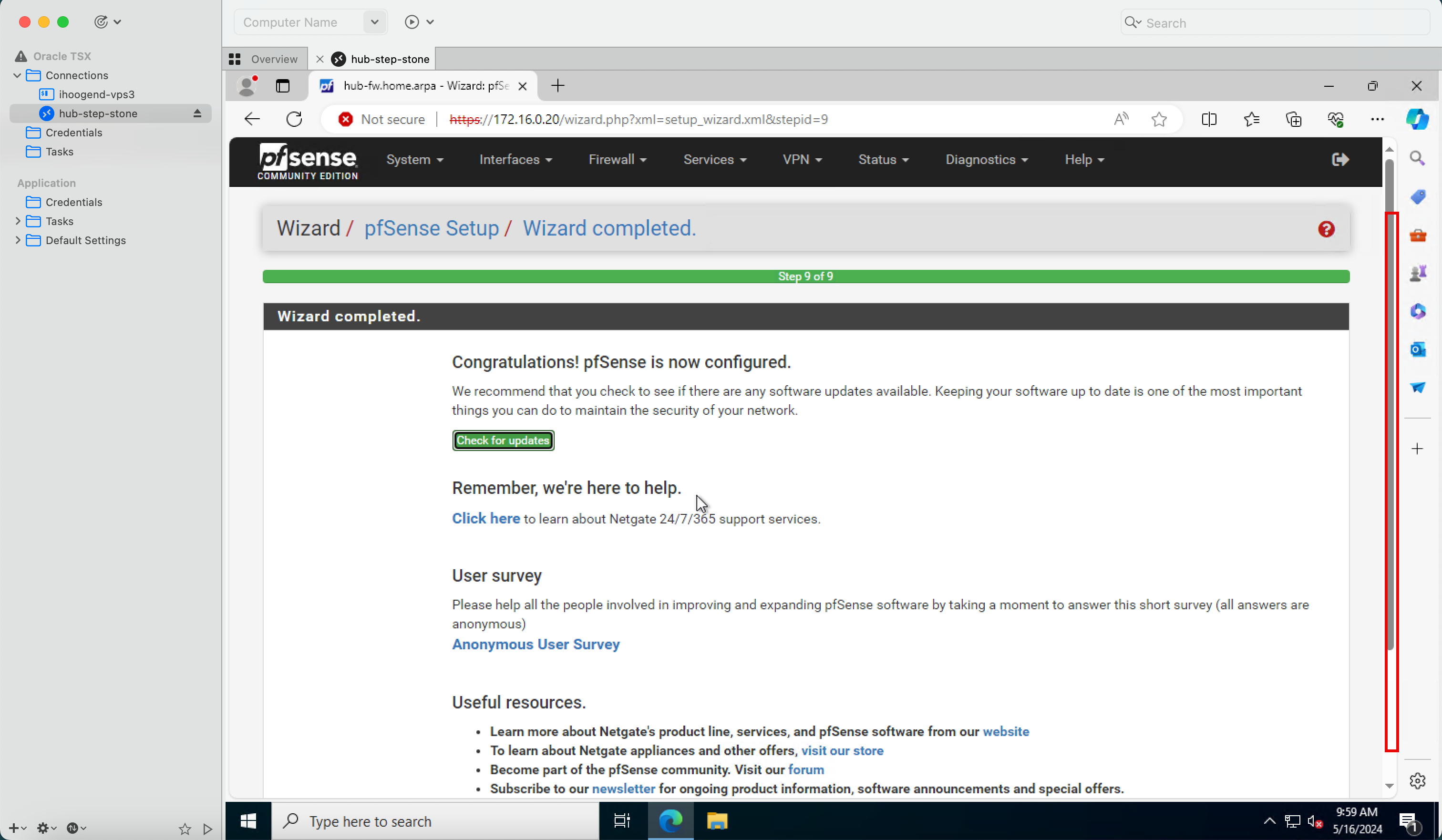

아래로.

-

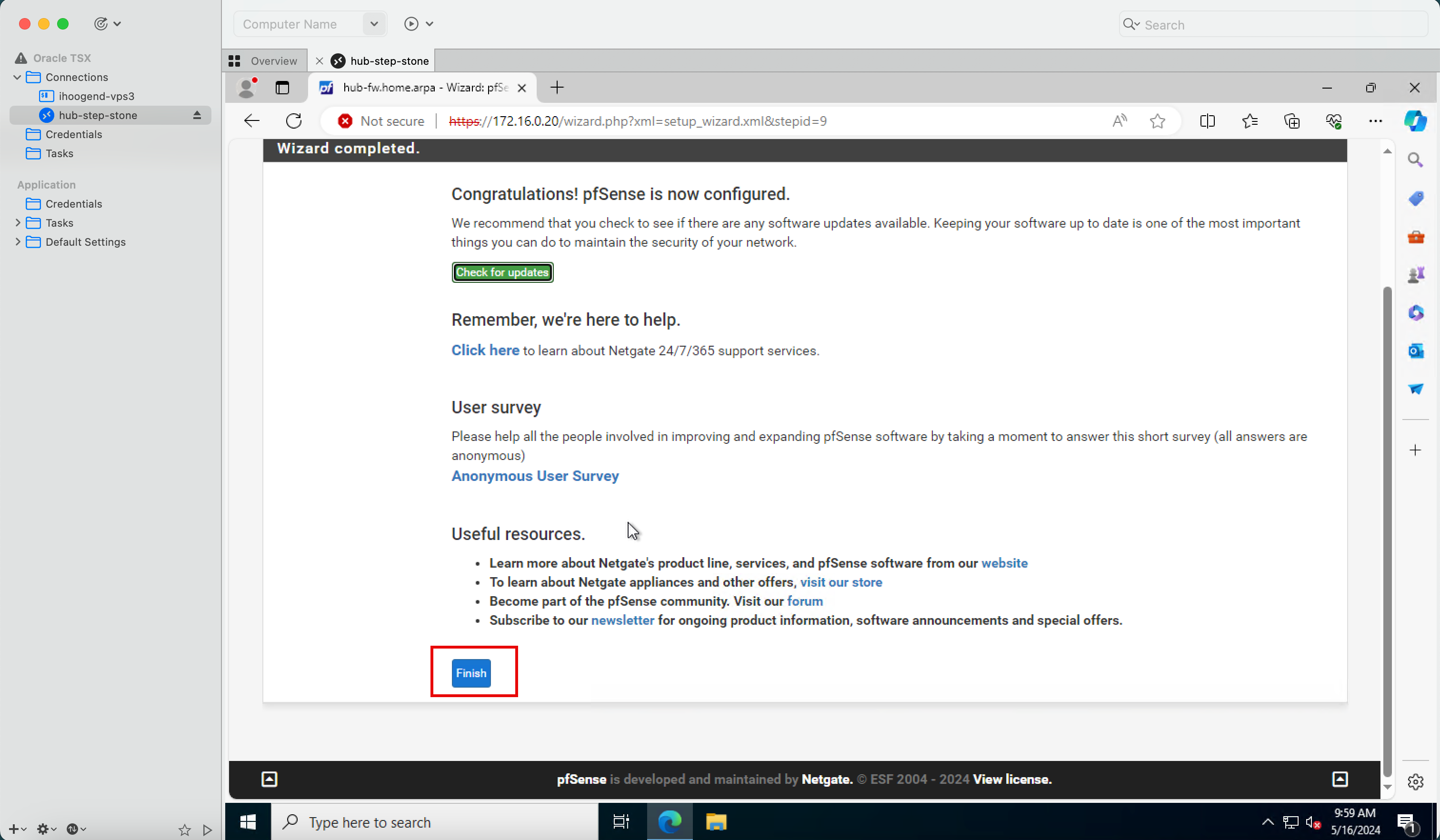

완료를 누릅니다.

-

아래로.

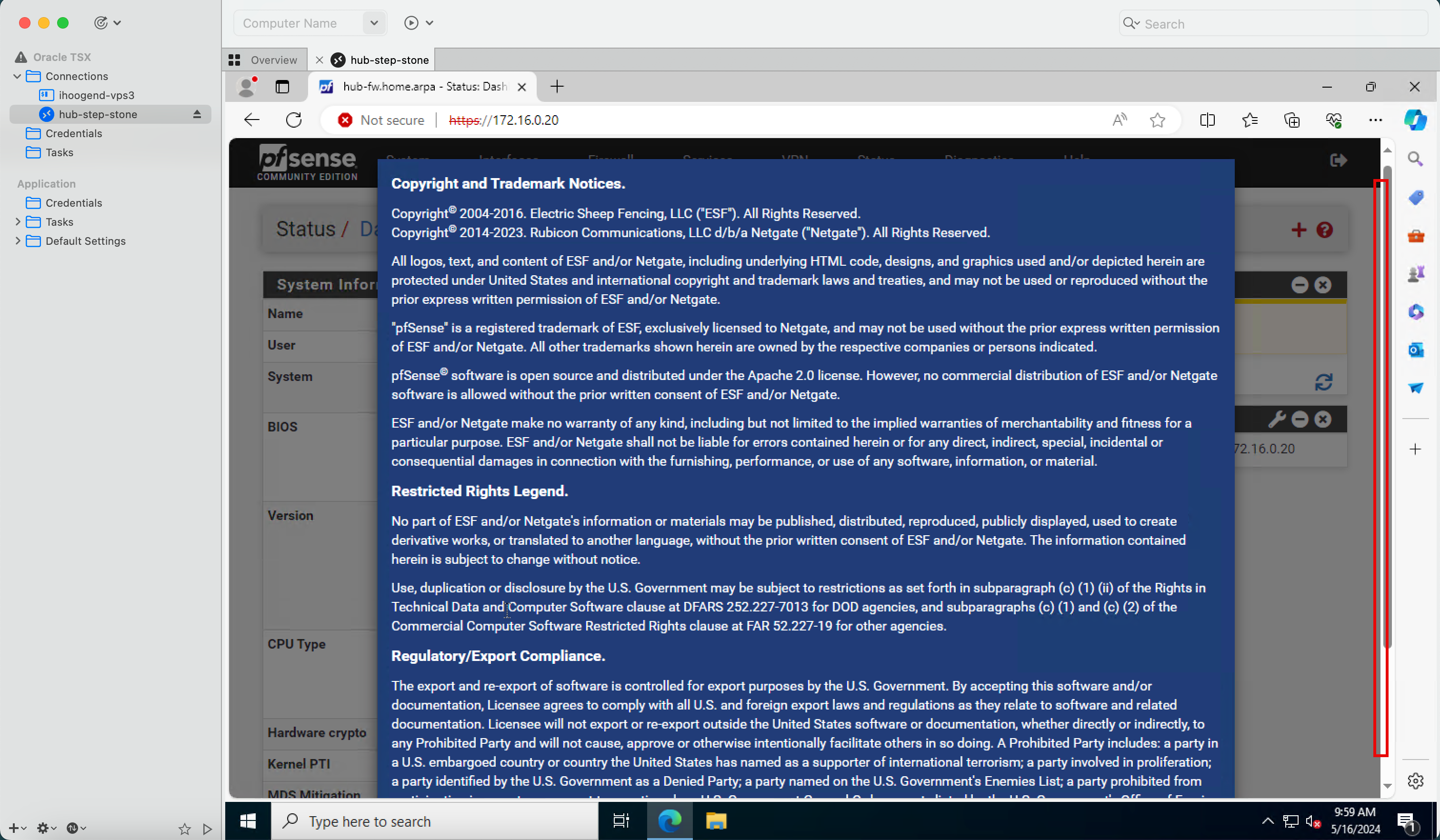

-

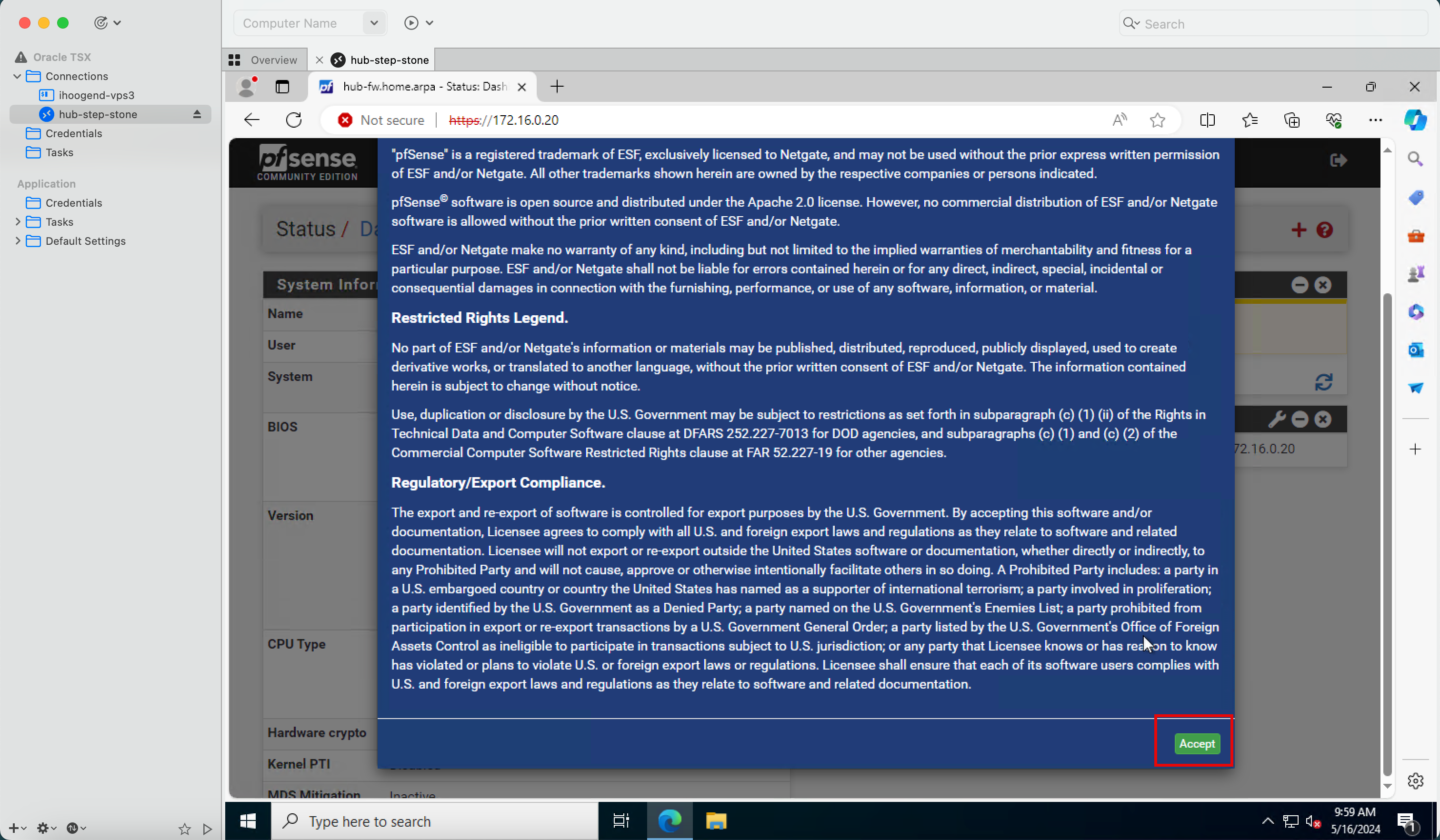

Accept를 누릅니다.

-

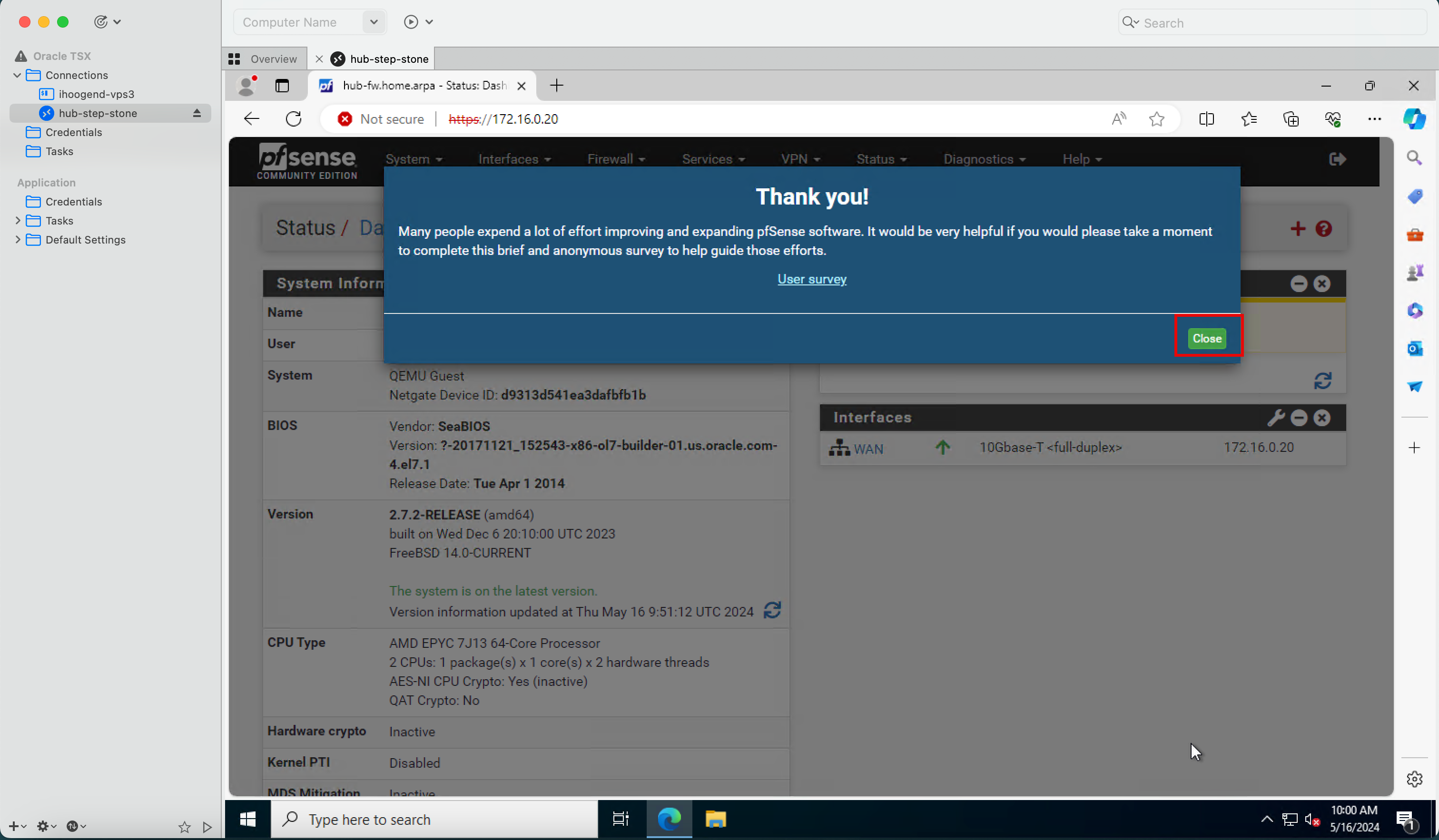

닫기를 누르면

-

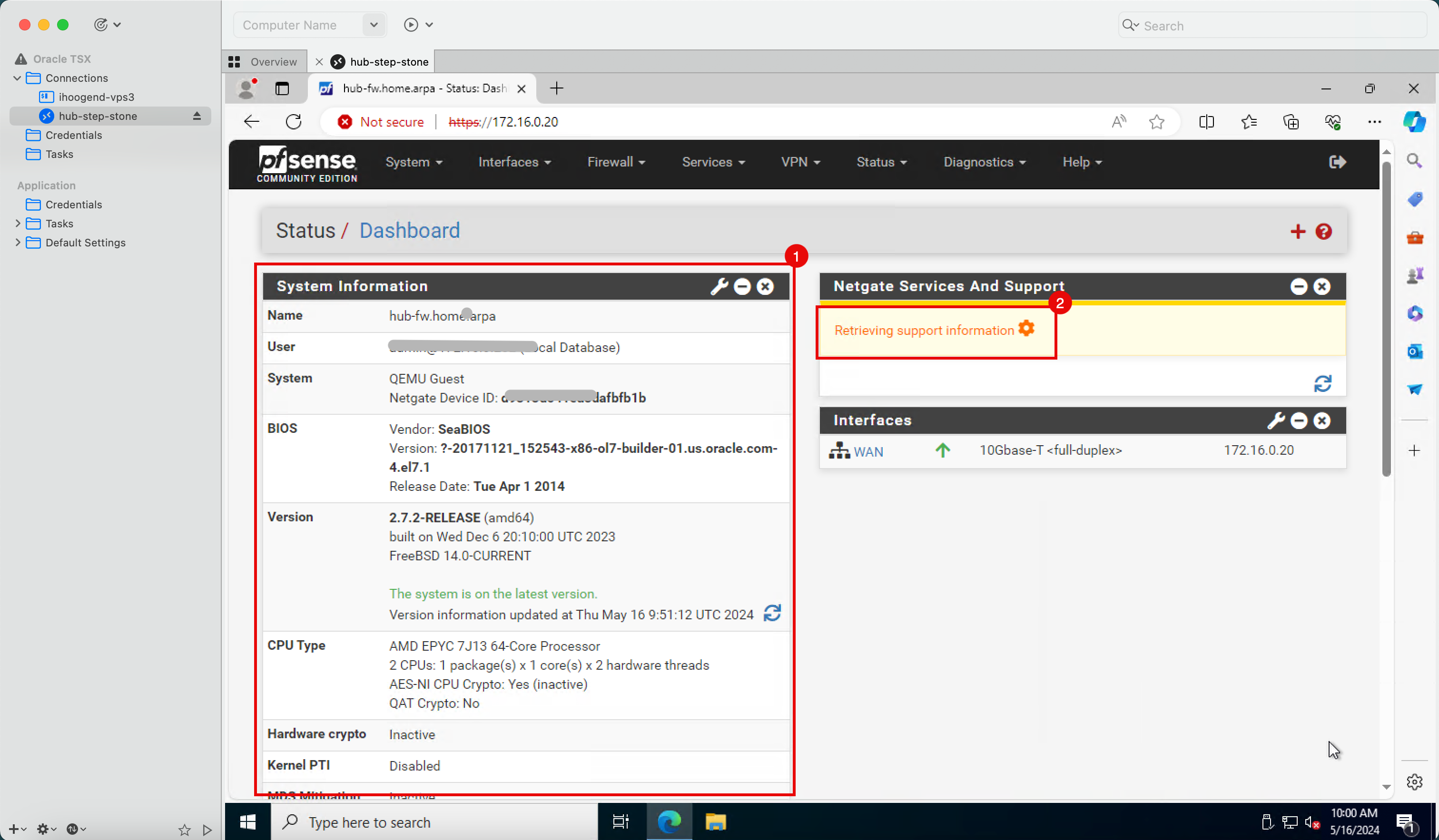

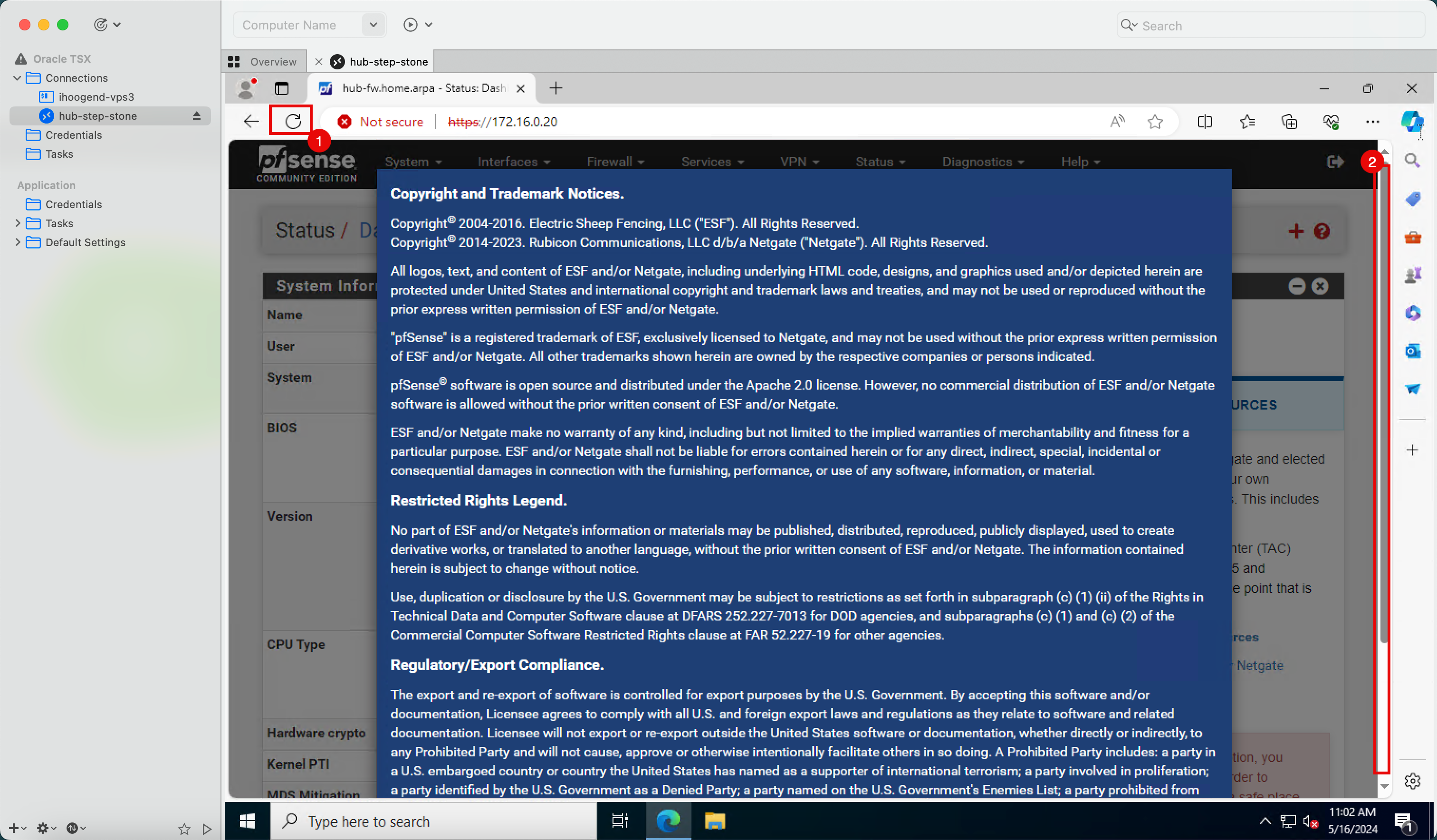

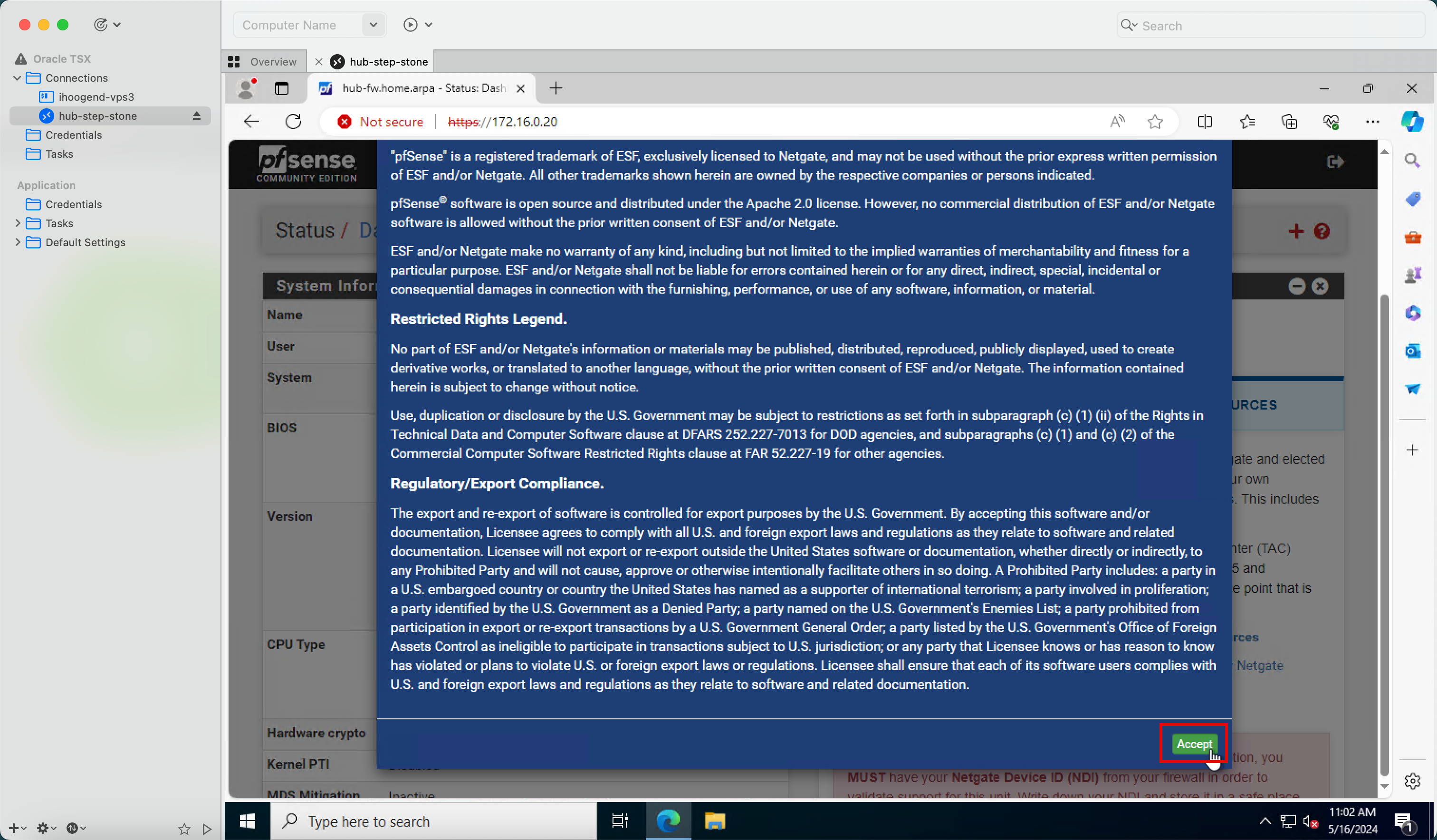

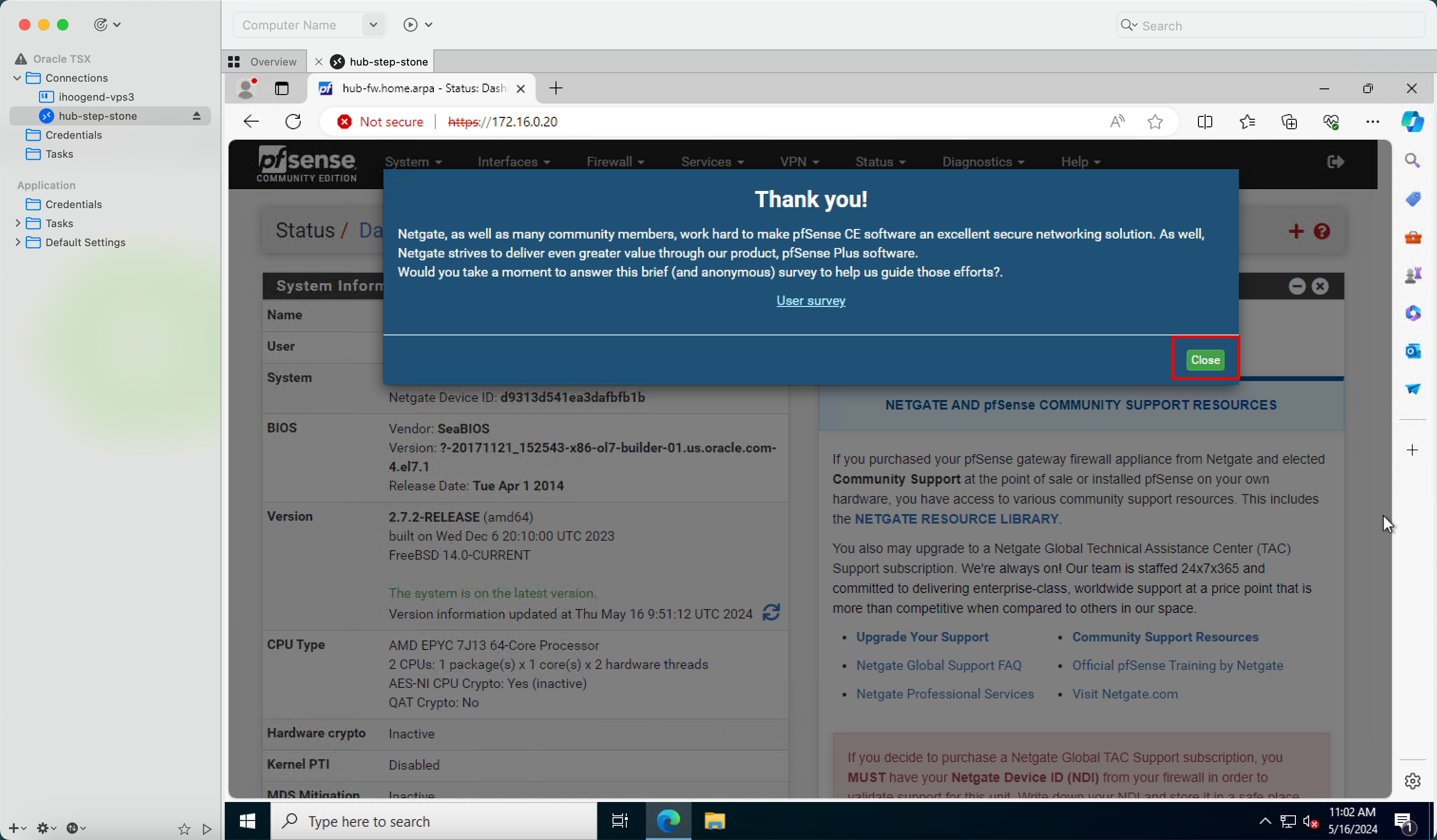

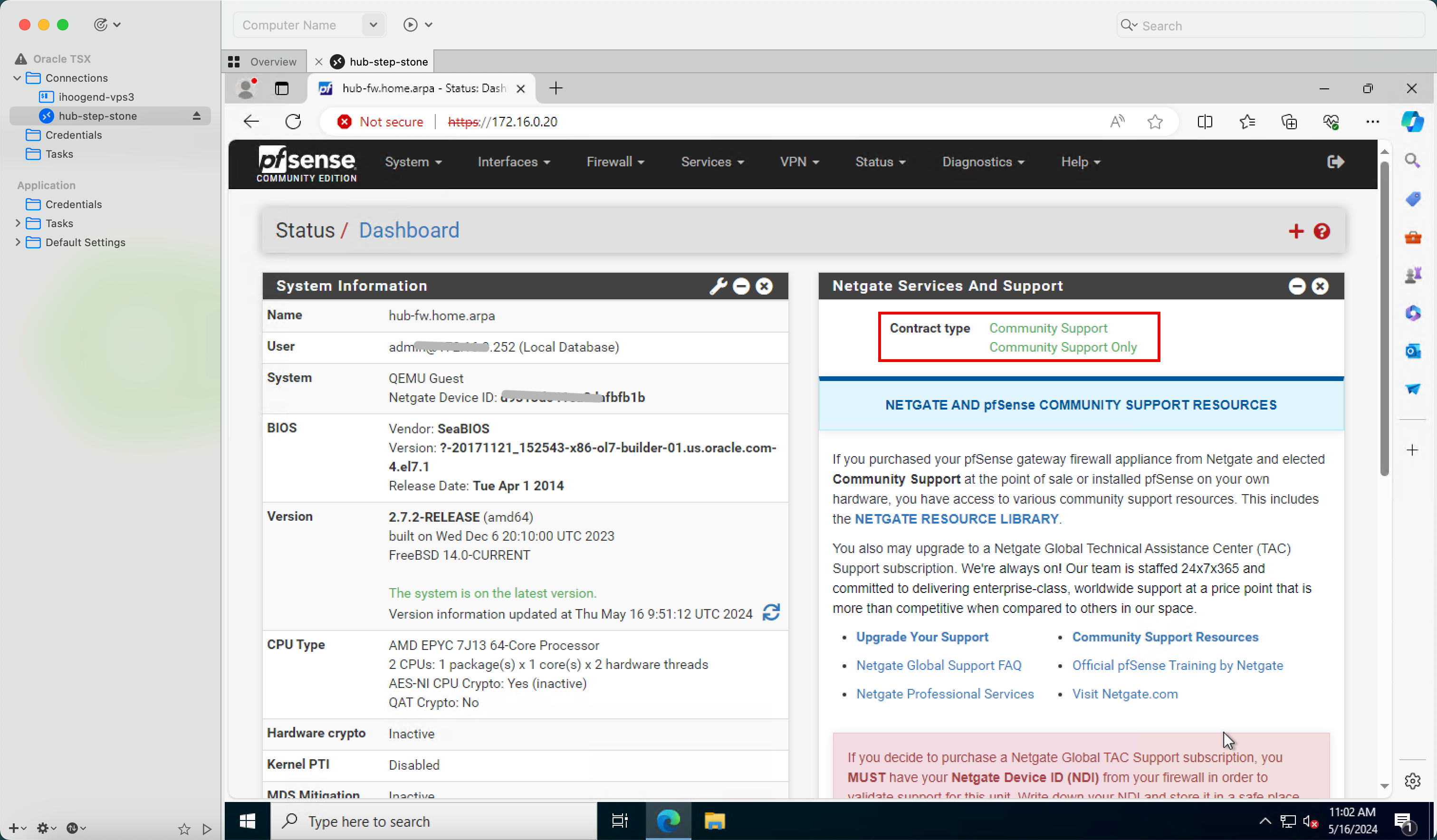

다음 이미지는 사용자가 생성한 항목을 시각적으로 보여줍니다. Windows 스테핑 스톤을 사용하여 pfSense 방화벽에 연결합니다.

-

pfSense 방화벽이 인터넷에 연결할 수 없는 경우 대시보드 페이지를 로드하는 데 약간의 시간이 걸립니다. 그러나 이 문제는 OCI NAT 게이트웨이를 사용하여 pfSense 방화벽을 인터넷에 연결할 수 있도록 허용함으로써 해결할 수 있습니다.

- pfSense 방화벽이 설치되어 있고 대시보드가 표시됩니다.

- 지원 정보가 제공되지 않습니다. 그 이유는 pfSense 방화벽이 전용 서브넷에 설치되어 있고 이 전용 서브넷이 기본적으로 인터넷에 연결할 수 없기 때문입니다.

-

인터넷 트래픽을 NAT 게이트웨이로 라우팅합니다. VCN에 NAT 게이트웨이가 있는지 확인하십시오.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 가상 클라우드 네트워크를 누르거나 네트워킹 및 가상 클라우드 네트워크로 이동합니다.

-

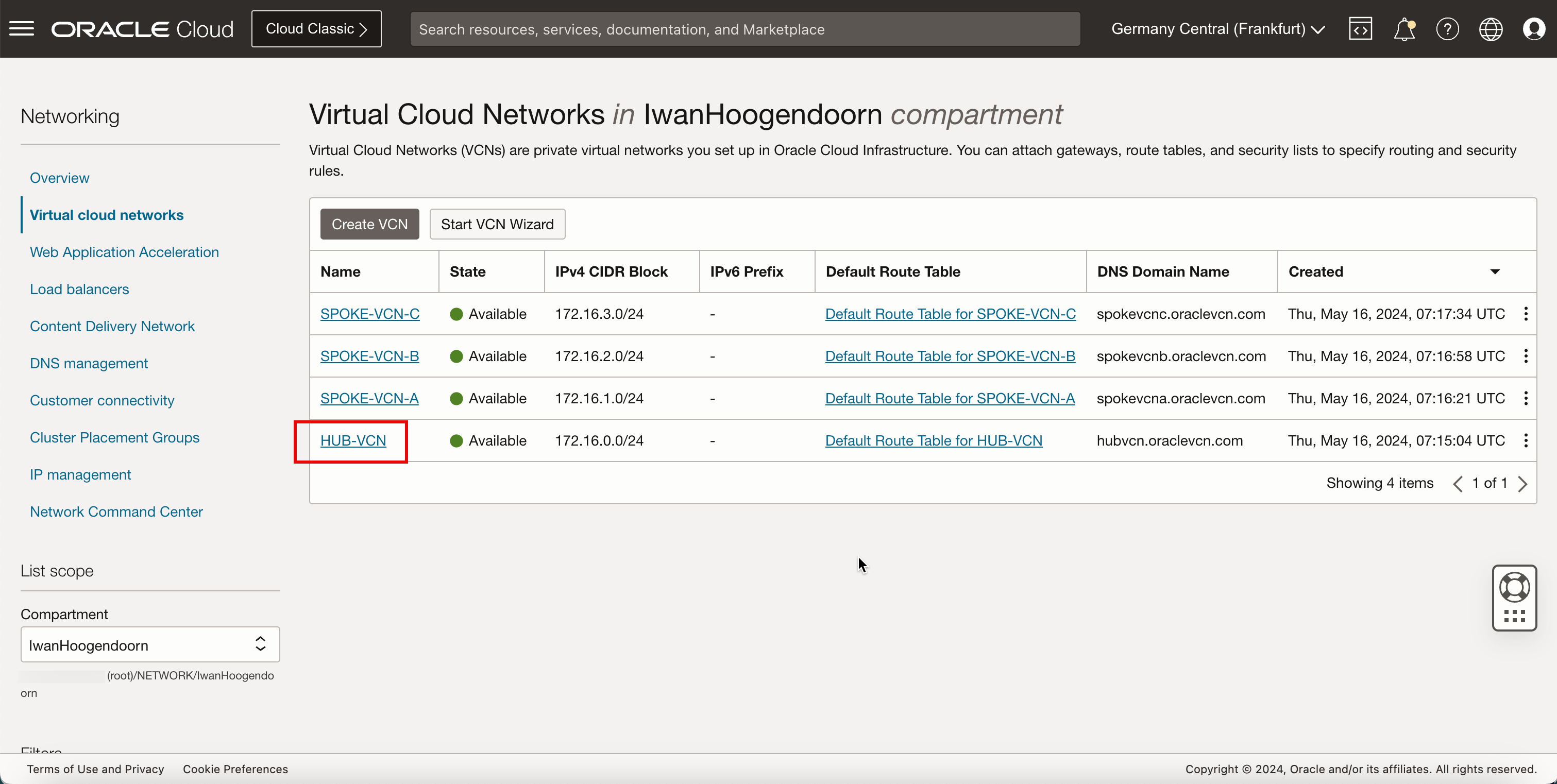

pfSense 방화벽이 연결되어 있고 NAT 게이트웨이가 있는 VCN을 선택합니다.

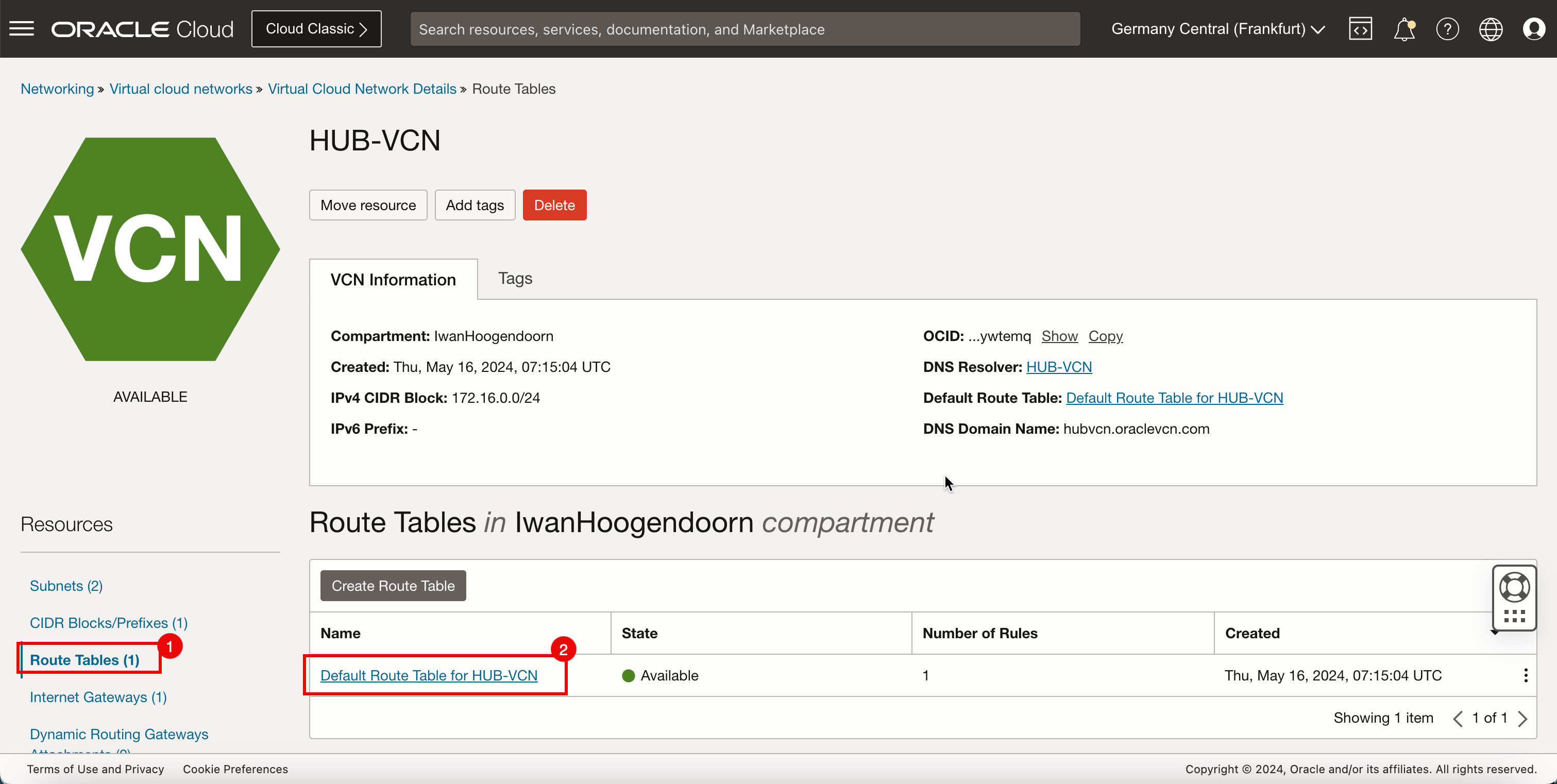

- 경로 테이블을 누릅니다.

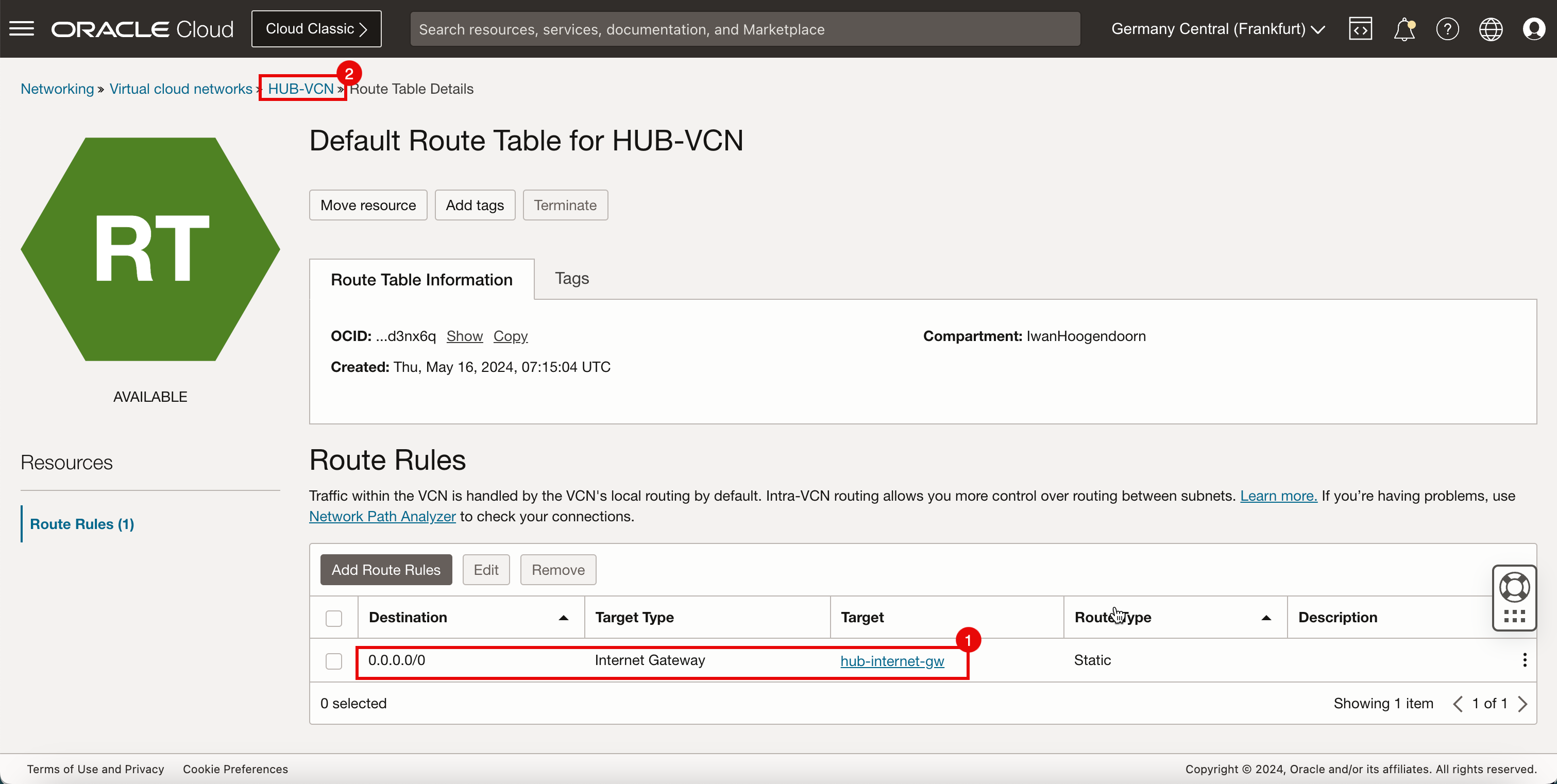

- HUB-VCN의 기본 경로 테이블을 누릅니다.

- 기본 경로 테이블에는 모든 트래픽을 인터넷 게이트웨이로 라우팅하는 경로가 있습니다. 전용 서브넷의 트래픽을 NAT 게이트웨이 쪽으로 라우팅해야 하므로 이 기능은 유용하지 않습니다.

- HUB-VCN을 눌러 경로 테이블 세부정보 페이지에서 한 페이지 뒤로 이동합니다.

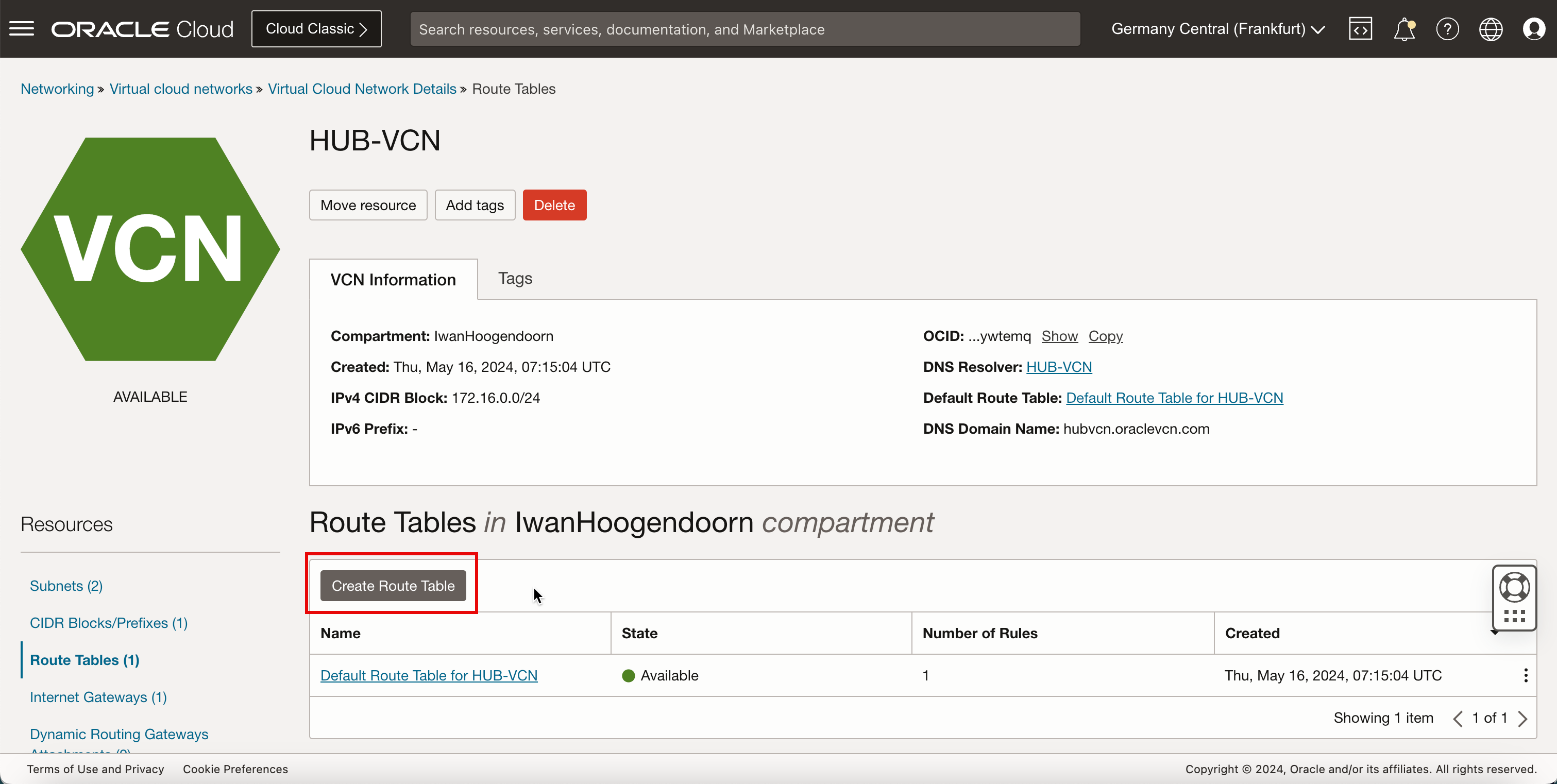

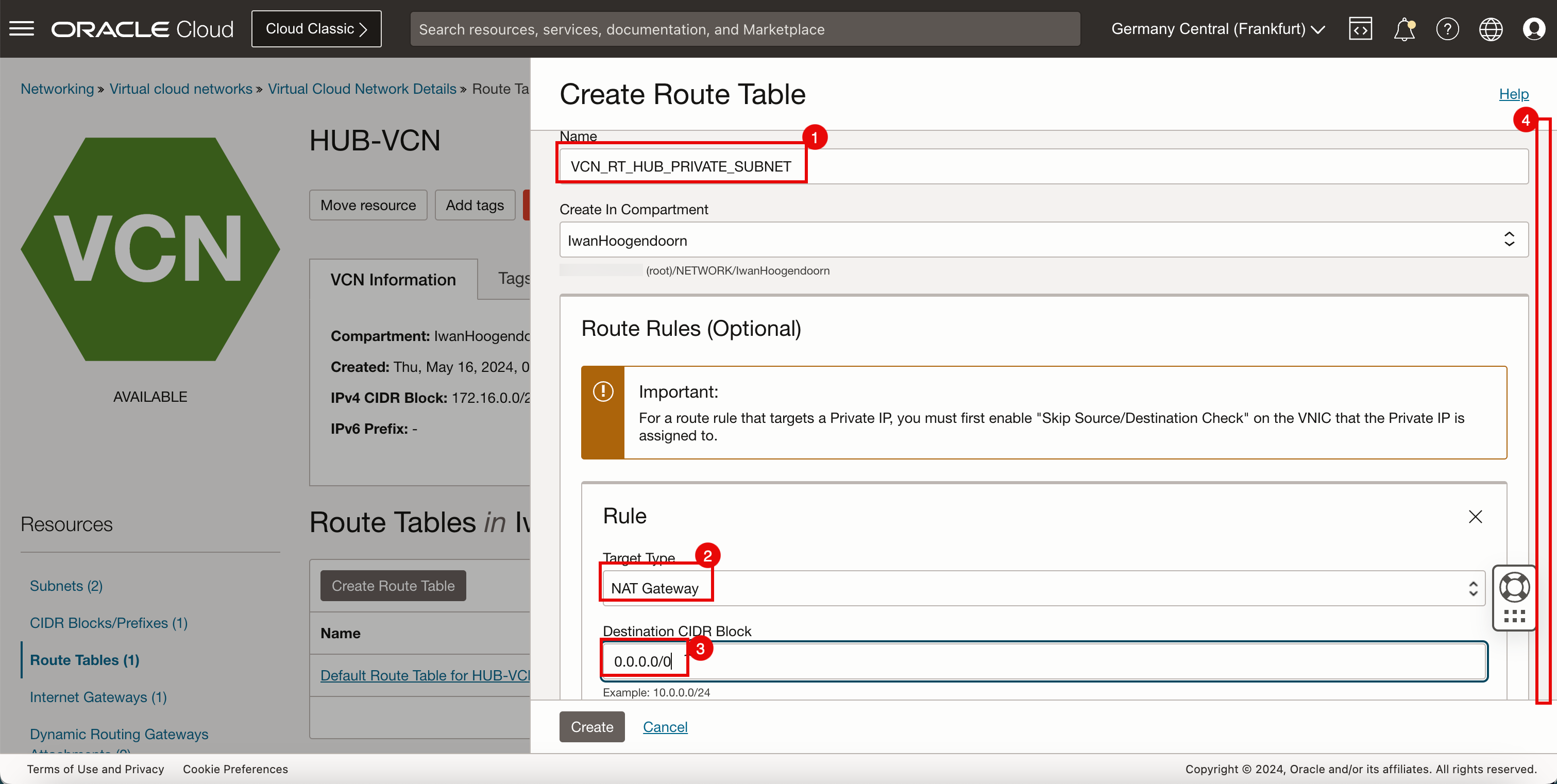

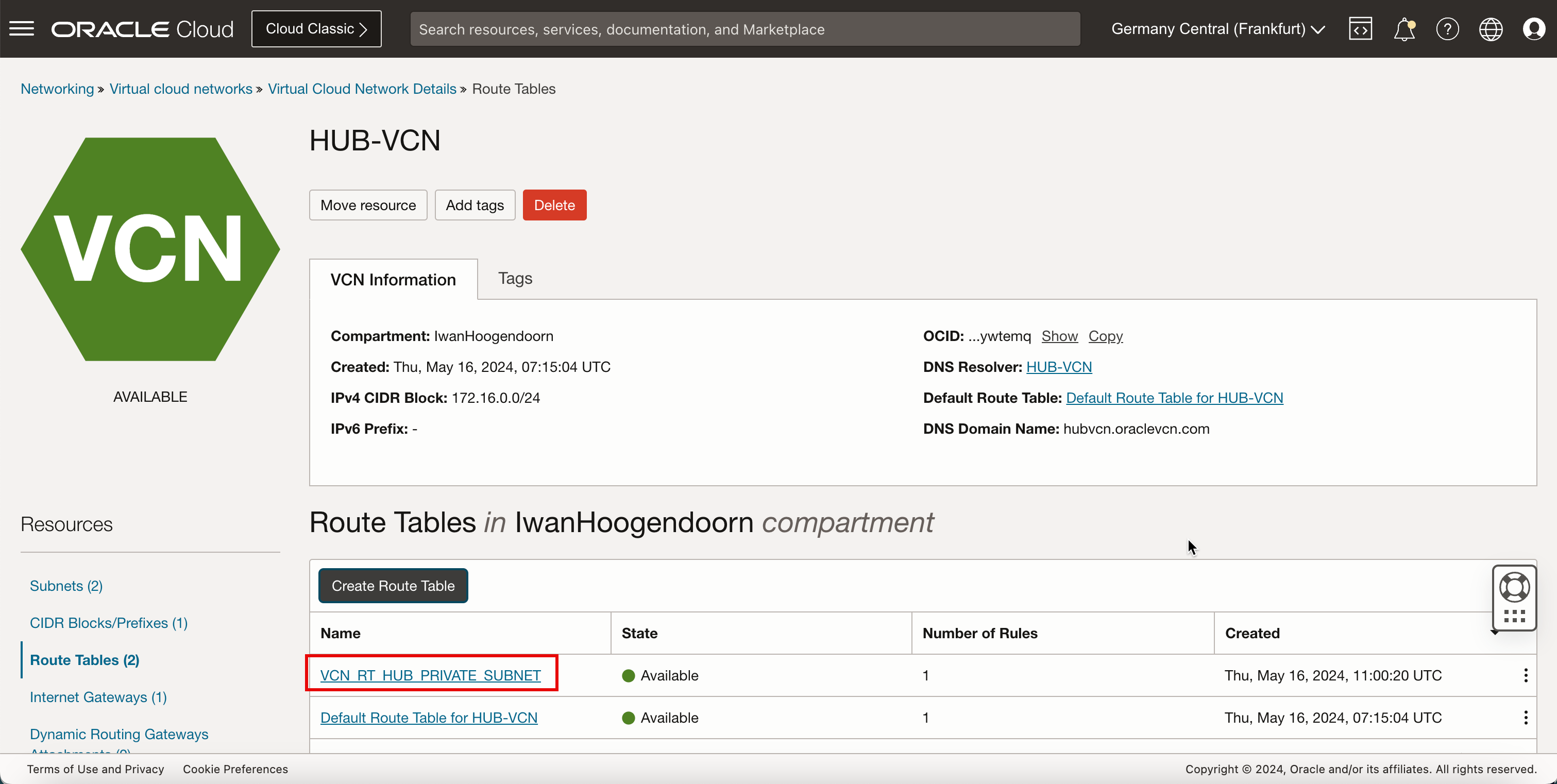

-

특정 서브넷에 대한 NAT 게이트웨이를 향해 트래픽을 라우팅하려면 새 라우팅 테이블을 생성하고 해당 라우팅 테이블을 전용 서브넷에 연결해야 합니다. 경로 테이블 생성을 누릅니다.

- 이름을 입력합니다.

- 대상 유형에 NAT 게이트웨이를 입력합니다.

- 대상 CIDR 블록에

0.0.0.0/0을 입력합니다. - 아래로.

- VCN에서 이미 사용할 수 있는 NAT 게이트웨이를 선택합니다. NAT 게이트웨이가 없는 경우 취소를 누르고 NAT 게이트웨이를 생성합니다.

- Create를 누릅니다.

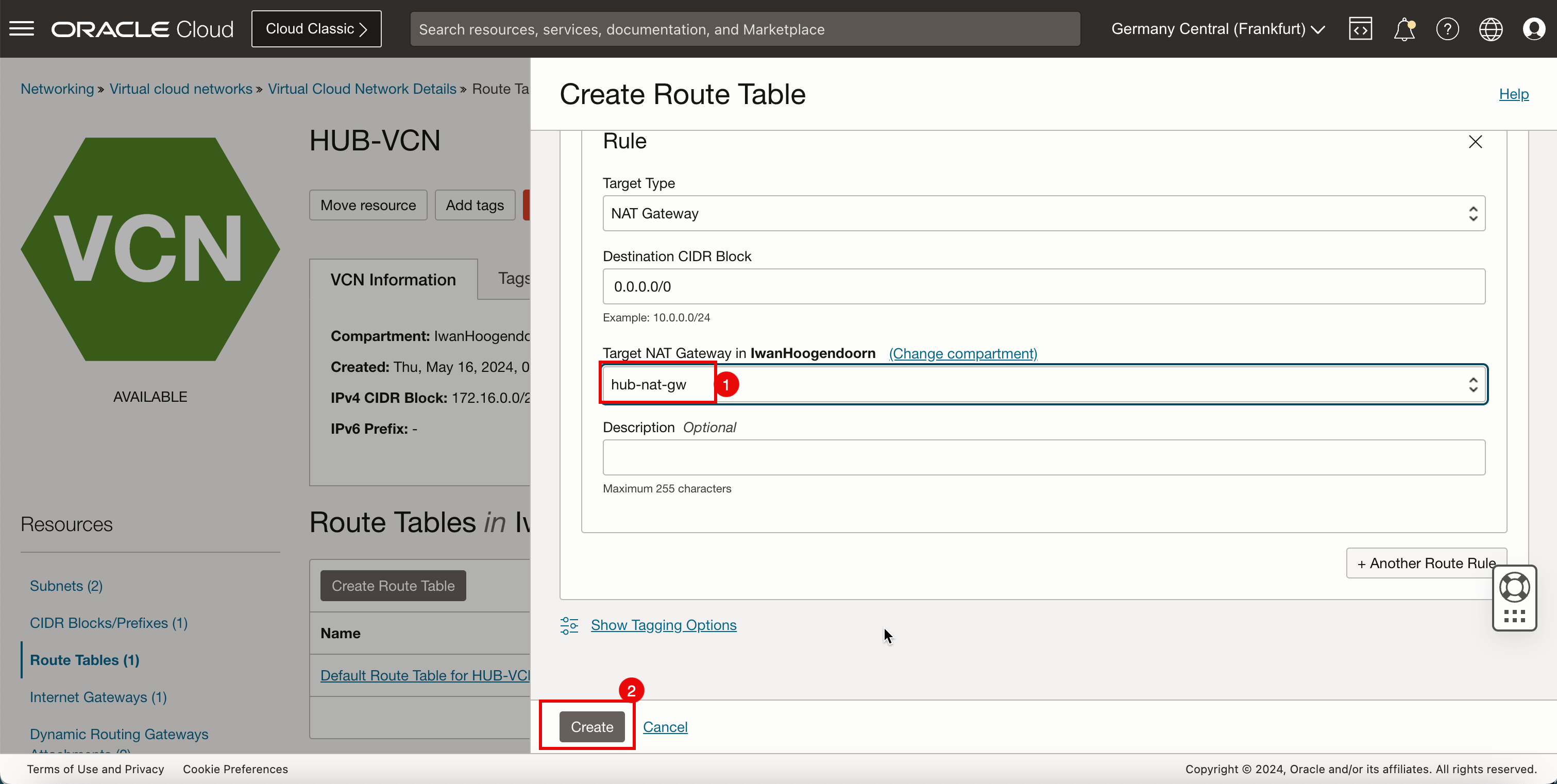

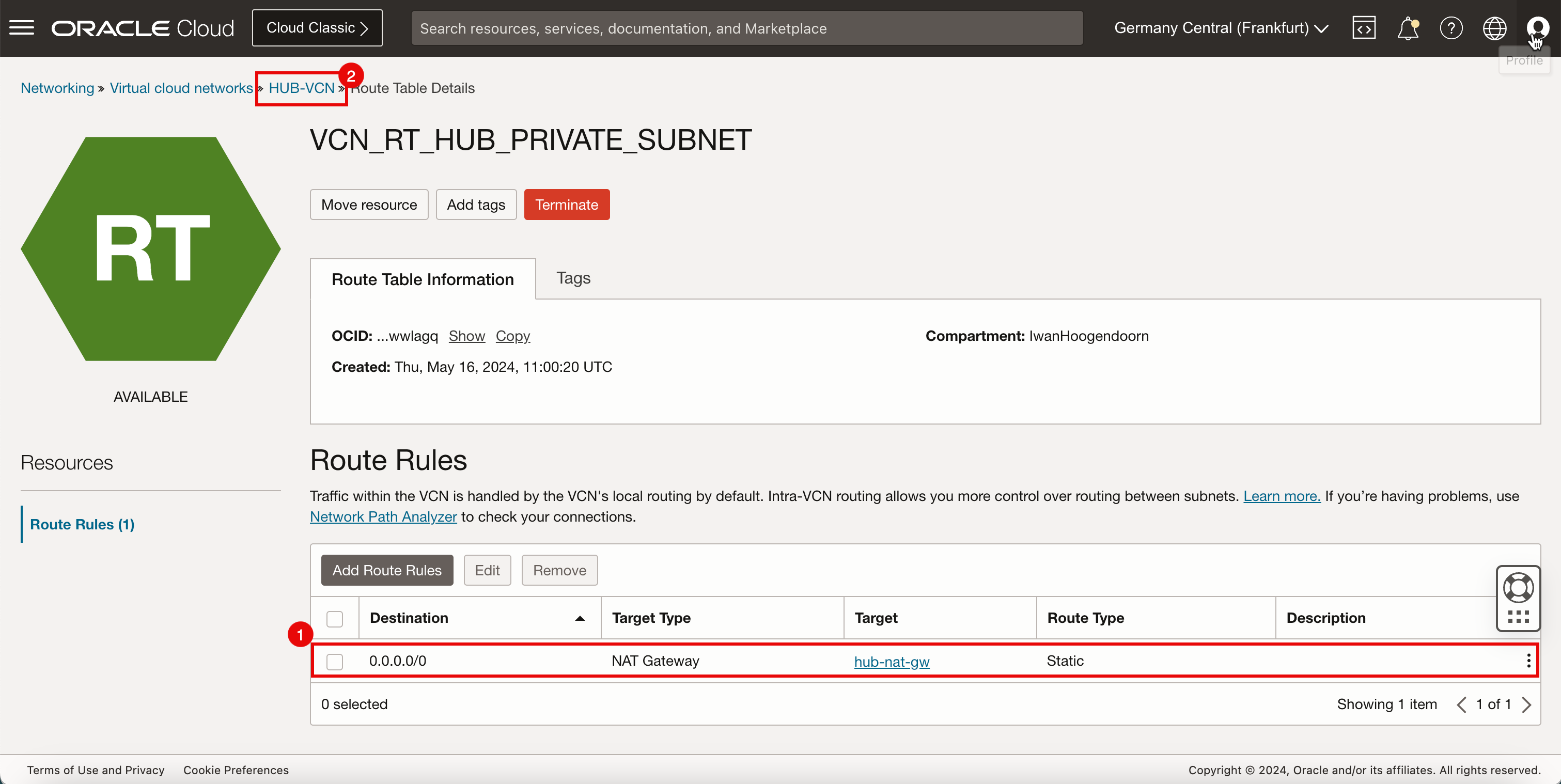

- 이제 NAT 게이트웨이에 대한 정적 경로가 생성됩니다.

- HUB-VCN을 눌러 경로 테이블 세부정보 페이지에서 한 페이지 뒤로 이동합니다.

-

새 경로 테이블을 생성했는지 확인합니다.

-

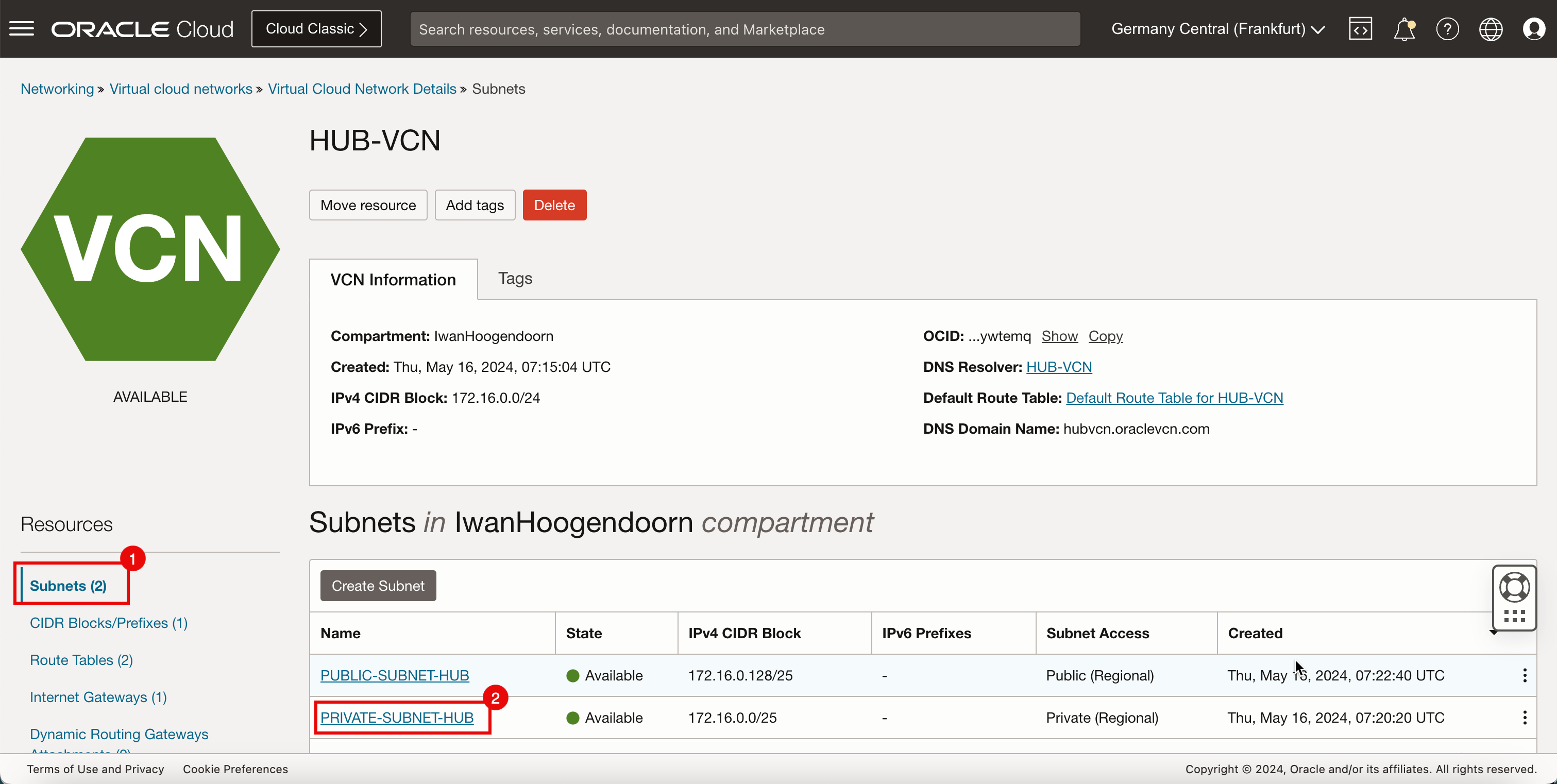

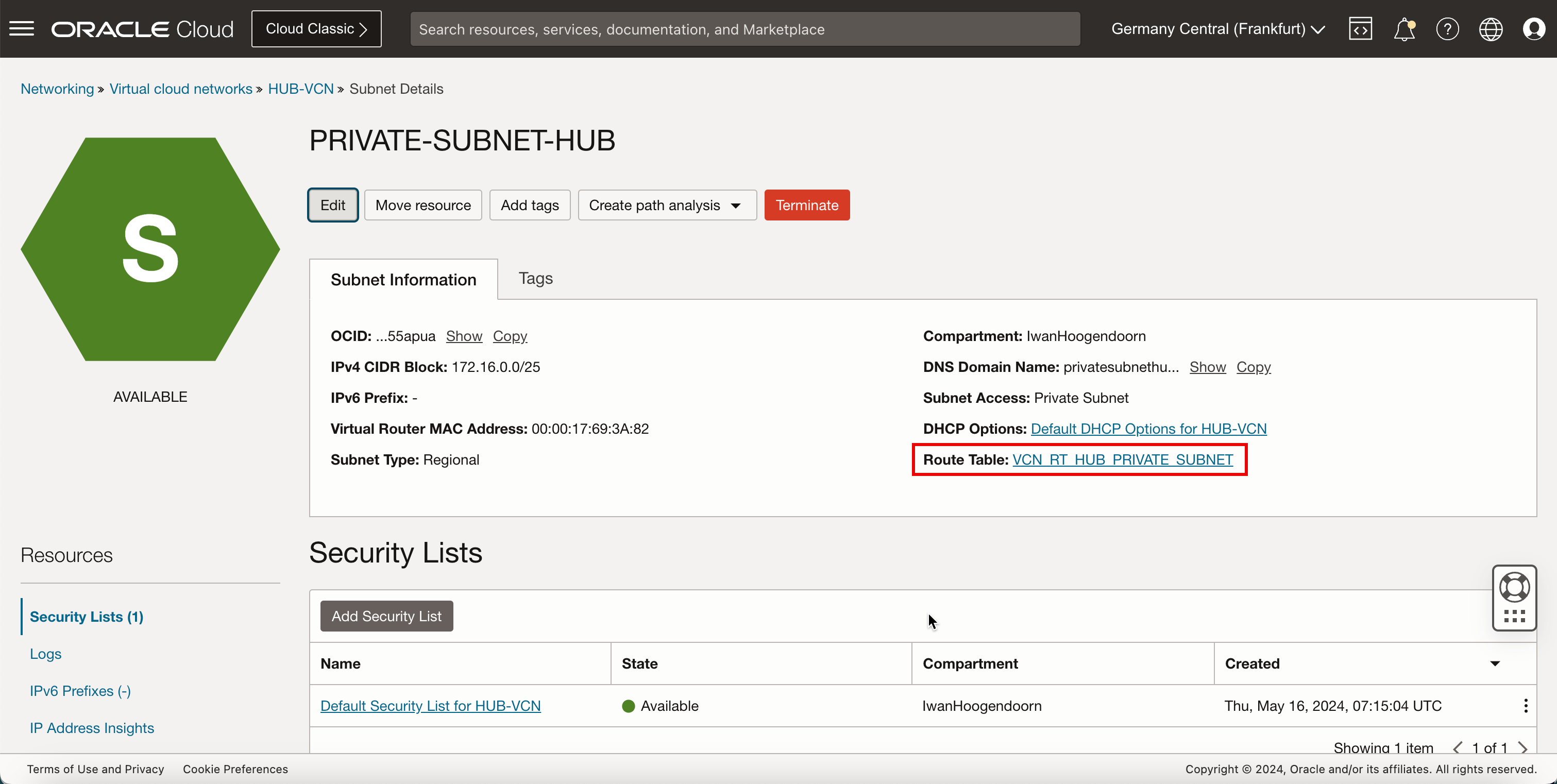

이제 해당 경로 테이블을 서브넷에 바인드해야 합니다.

- 서브넷을 누릅니다.

- pfSense 인스턴스가 현재 연결되어 있는 서브넷인 전용 서브넷을 누릅니다.

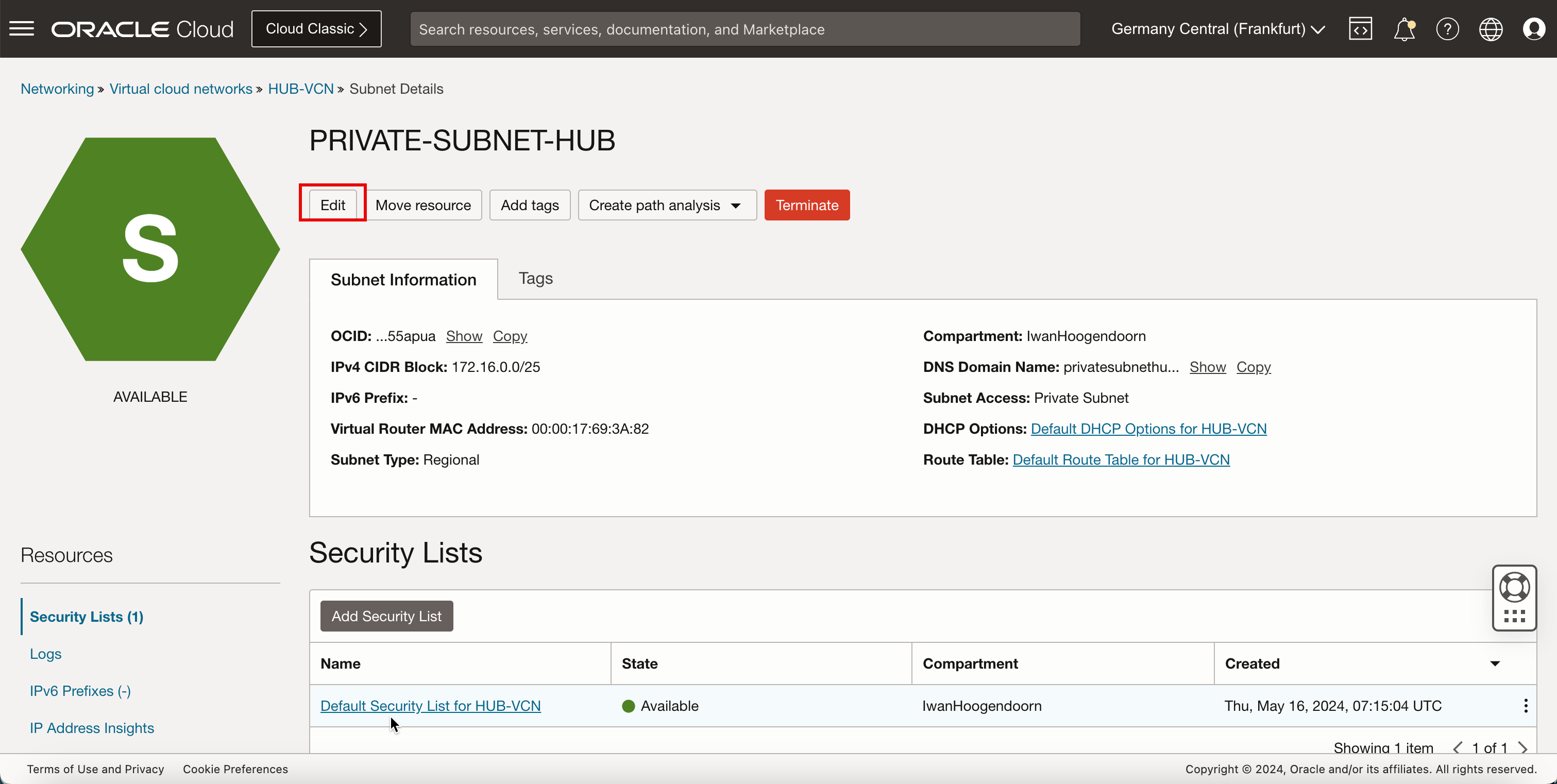

-

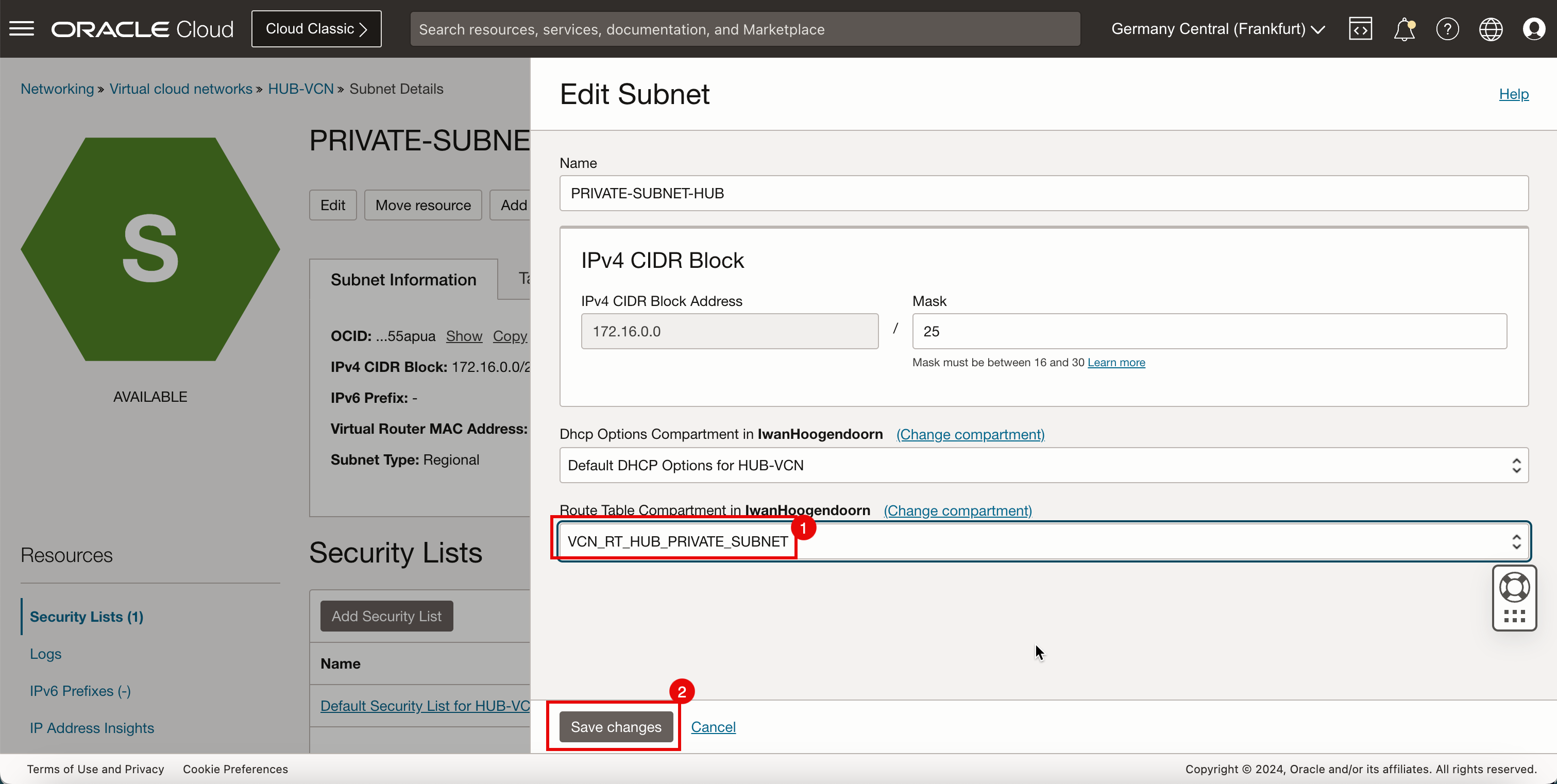

편집을 누릅니다.

- 방금 생성한 경로 테이블을 선택합니다.

- 변경 사항 저장을 누릅니다.

-

전용 서브넷에 대한 경로 테이블이 변경되었습니다.

-

Windows 인스턴스로 돌아갑니다.

- 페이지를 새로고침하십시오.

- 아래로.

-

Accept를 누릅니다.

-

닫기를 누르면

-

Netgate Services and Support 섹션이 변경됩니다.

-

대시보드 페이지의 응답 시간도 더 빨라집니다.

-

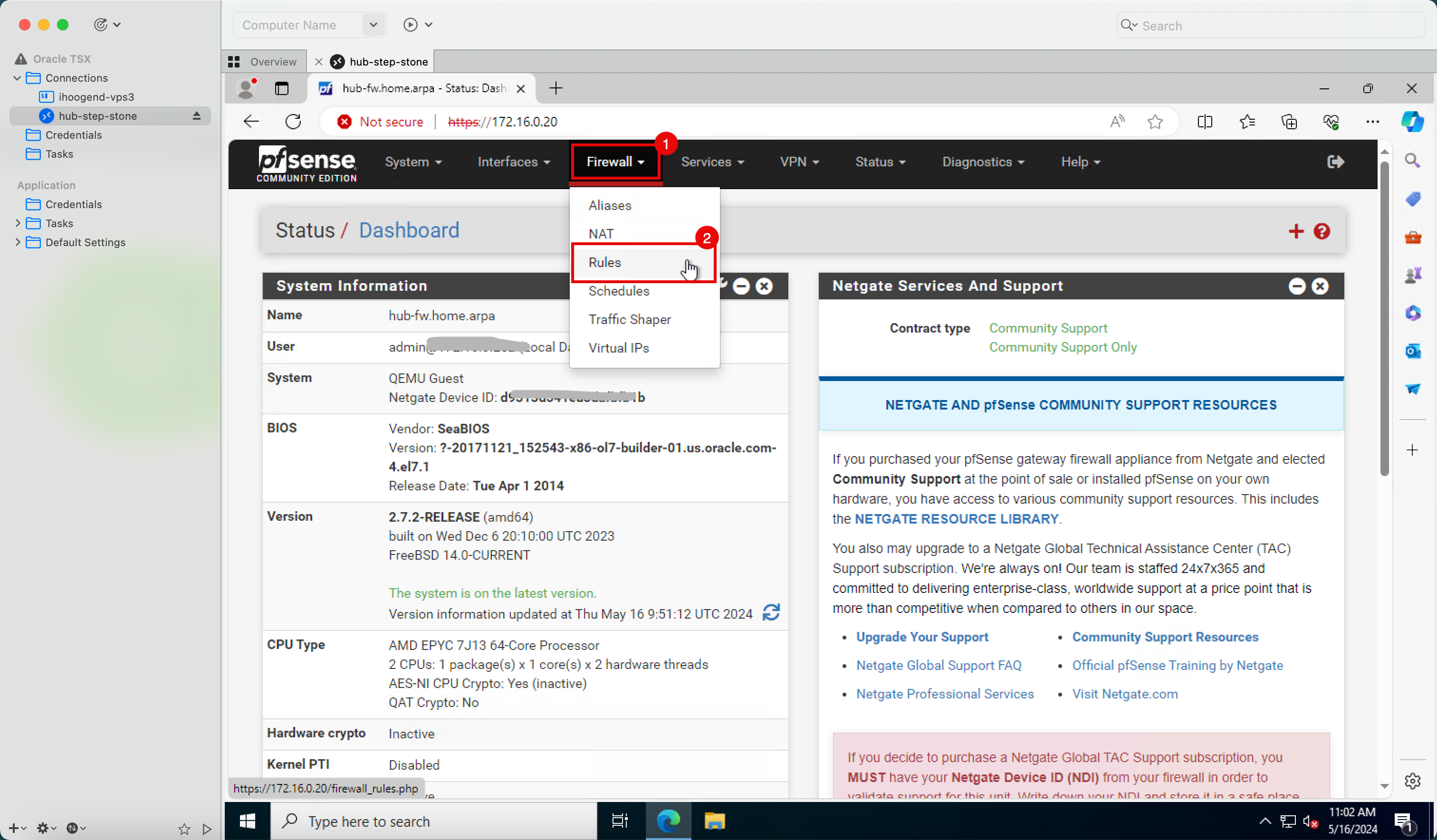

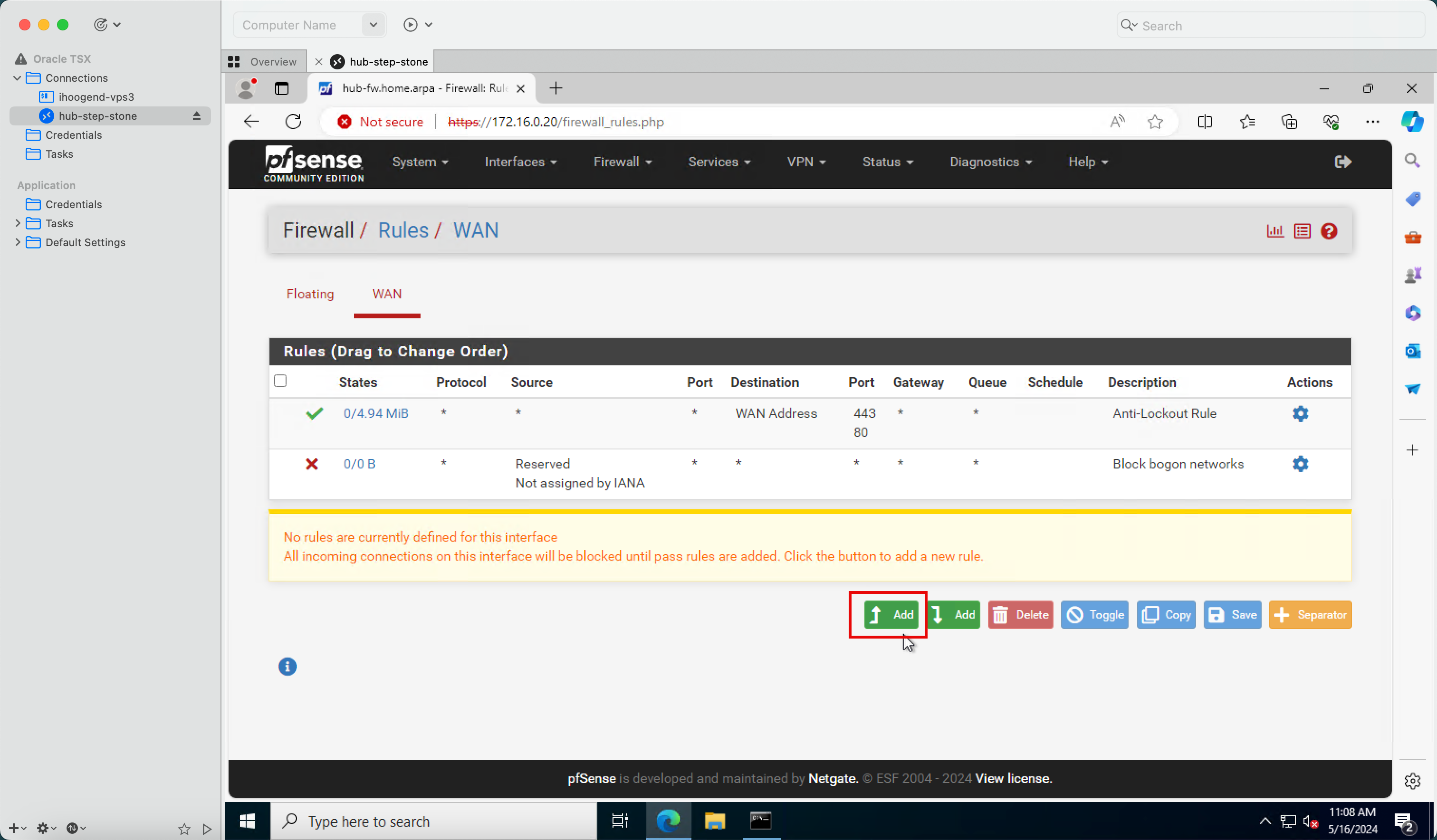

pfSense 웹 관리 인터페이스를 사용합니다.

- 방화벽을 누릅니다.

- 규칙을 누릅니다.

-

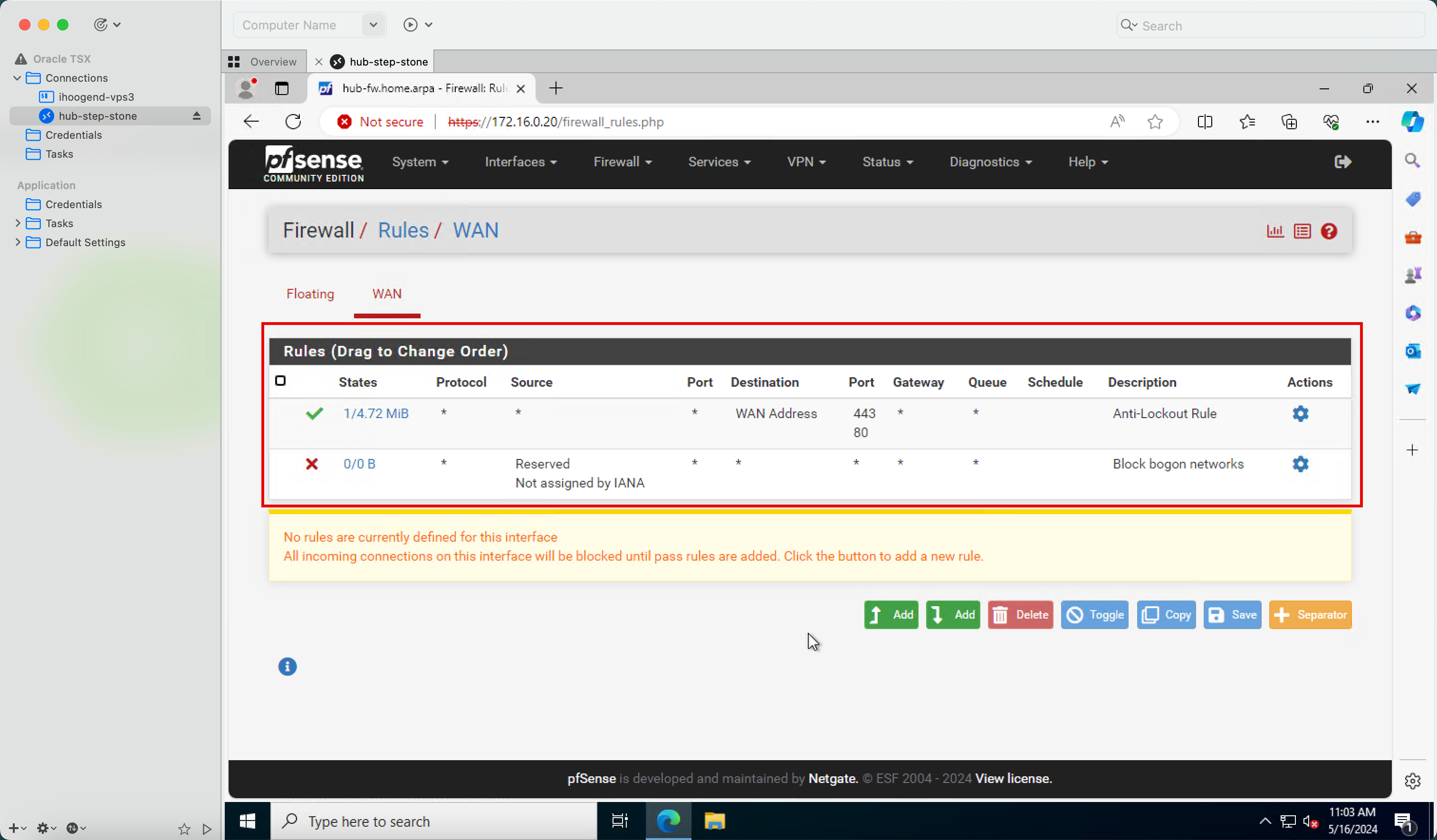

pfSense 방화벽의 기본 규칙을 확인합니다.

-

다음 이미지는 사용자가 생성한 항목을 시각적으로 보여줍니다.

-

pfSense 방화벽이 인터넷과 통신할 수 있도록 NAT 게이트웨이가 사용됩니다.

-

또한 기본 보안 목록에서 TCP/

80및 TCP/443포트를 열었습니다.

-

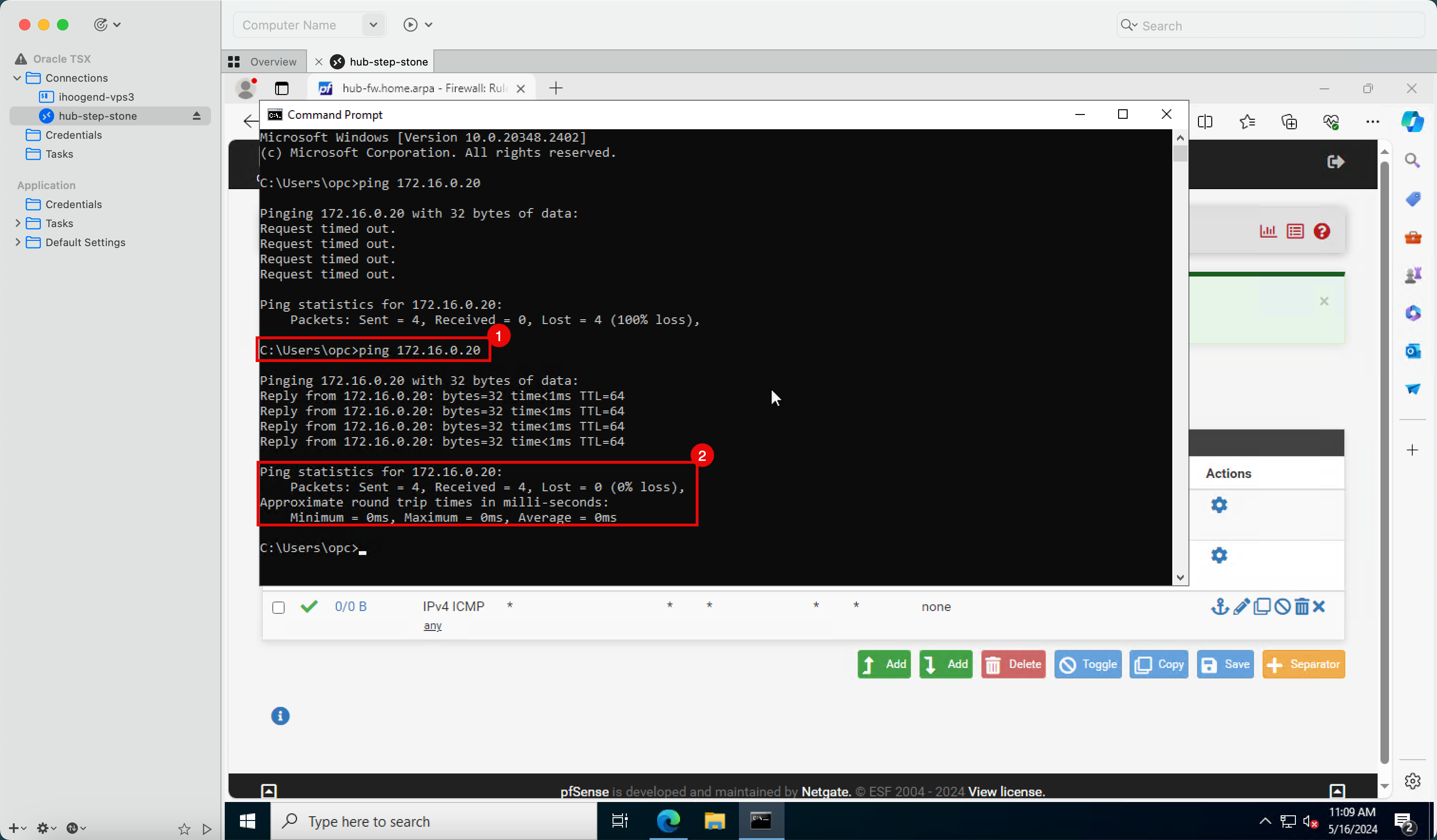

작업 8: 핑 연결 확인

-

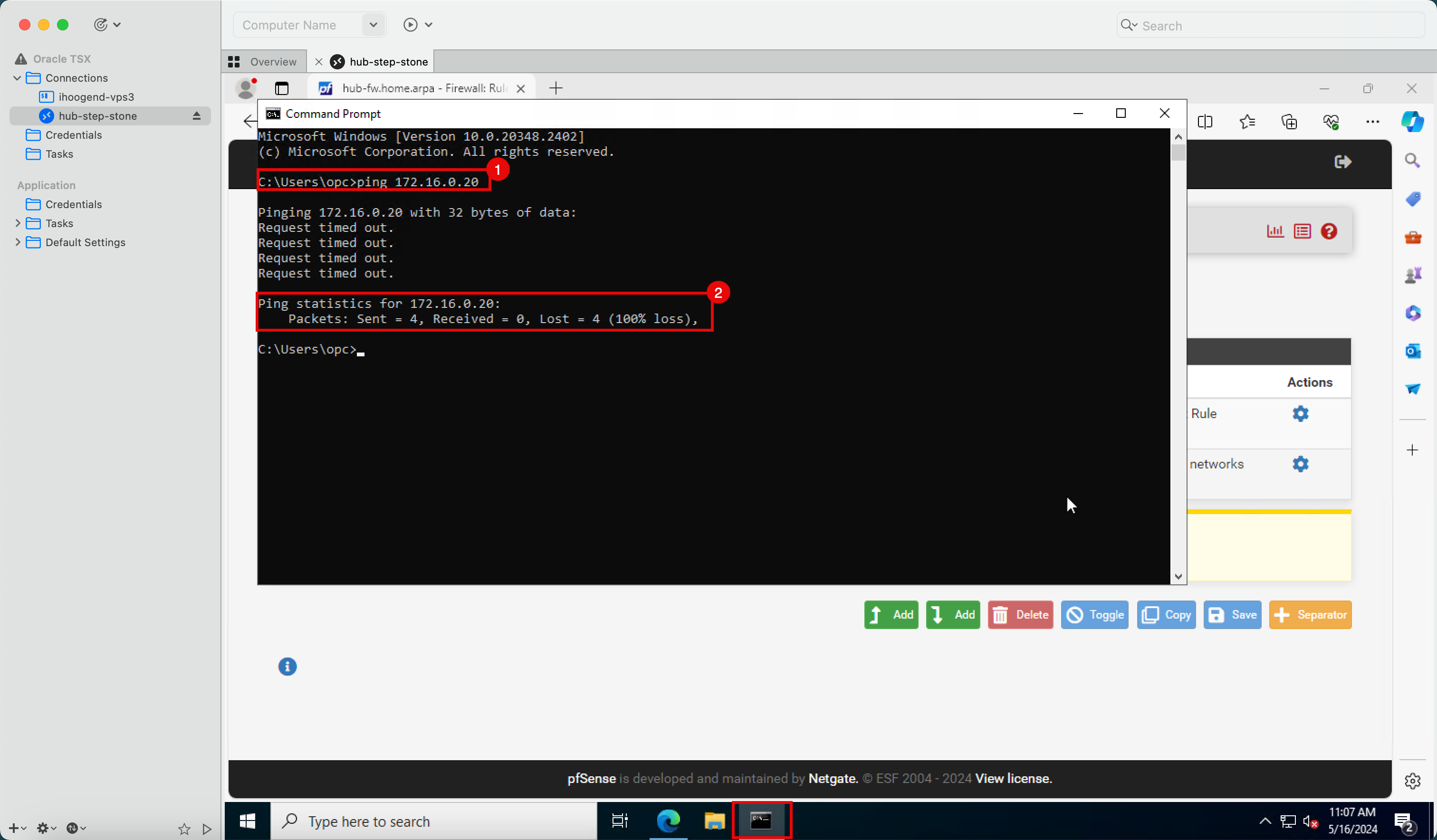

ping(ICMP)을 사용하여 연결을 확인하는 것은 테스트하기에 좋은 출발점입니다.

- Windows 인스턴스에서 명령 프롬프트를 열고 pfSense 방화벽 IP 주소에 대해 ping을 시도합니다.

- 핑 결과에 100% 패킷 손실이 표시됩니다.

-

이 문제를 해결하려면 다음을 수행해야 합니다.

- VCN에 연결된 기본 보안 목록에서 ICMP(Internet Control Message Protocol)를 엽니다.

- pfSense 방화벽에서 ICMP를 엽니다.

-

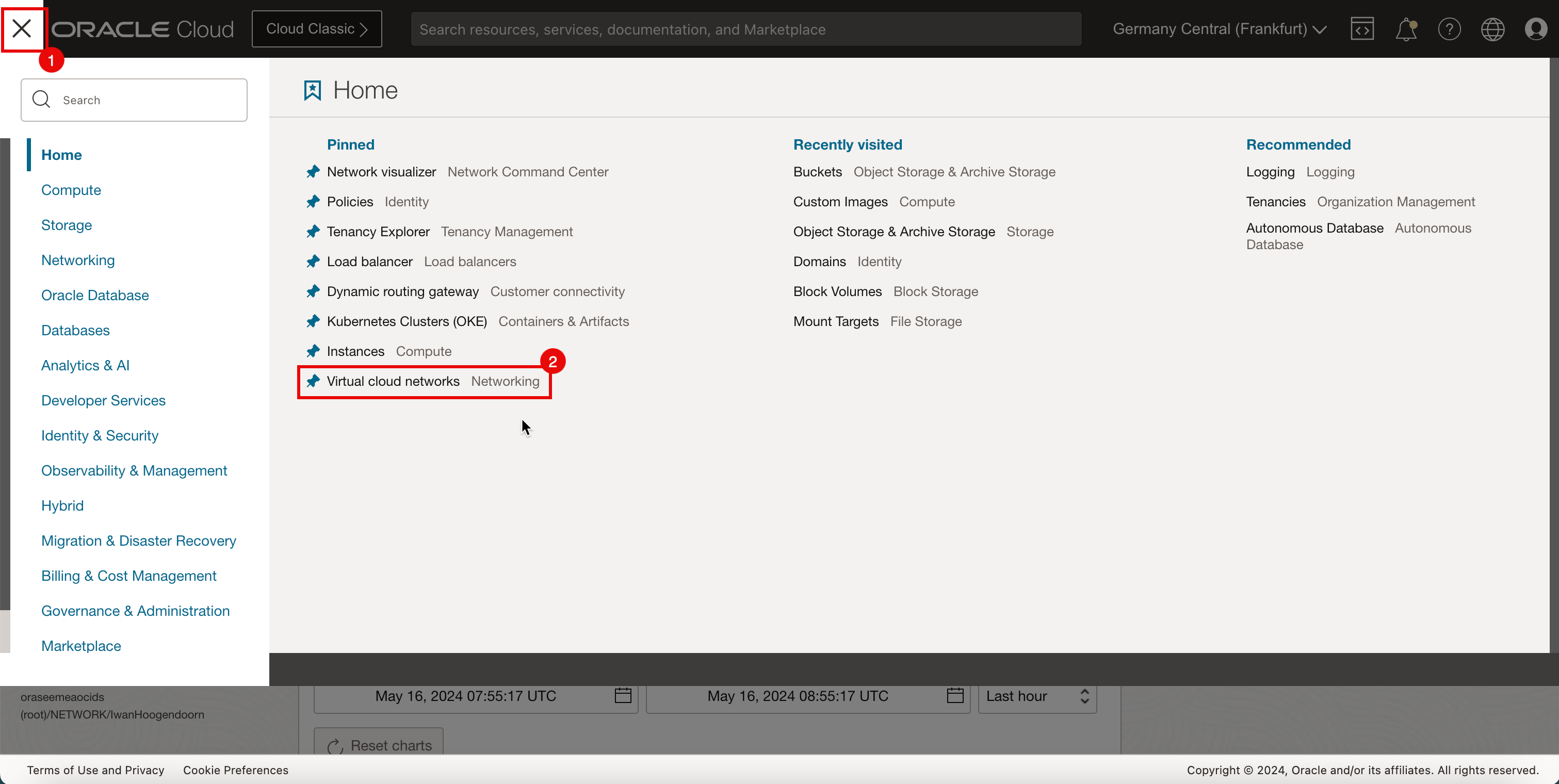

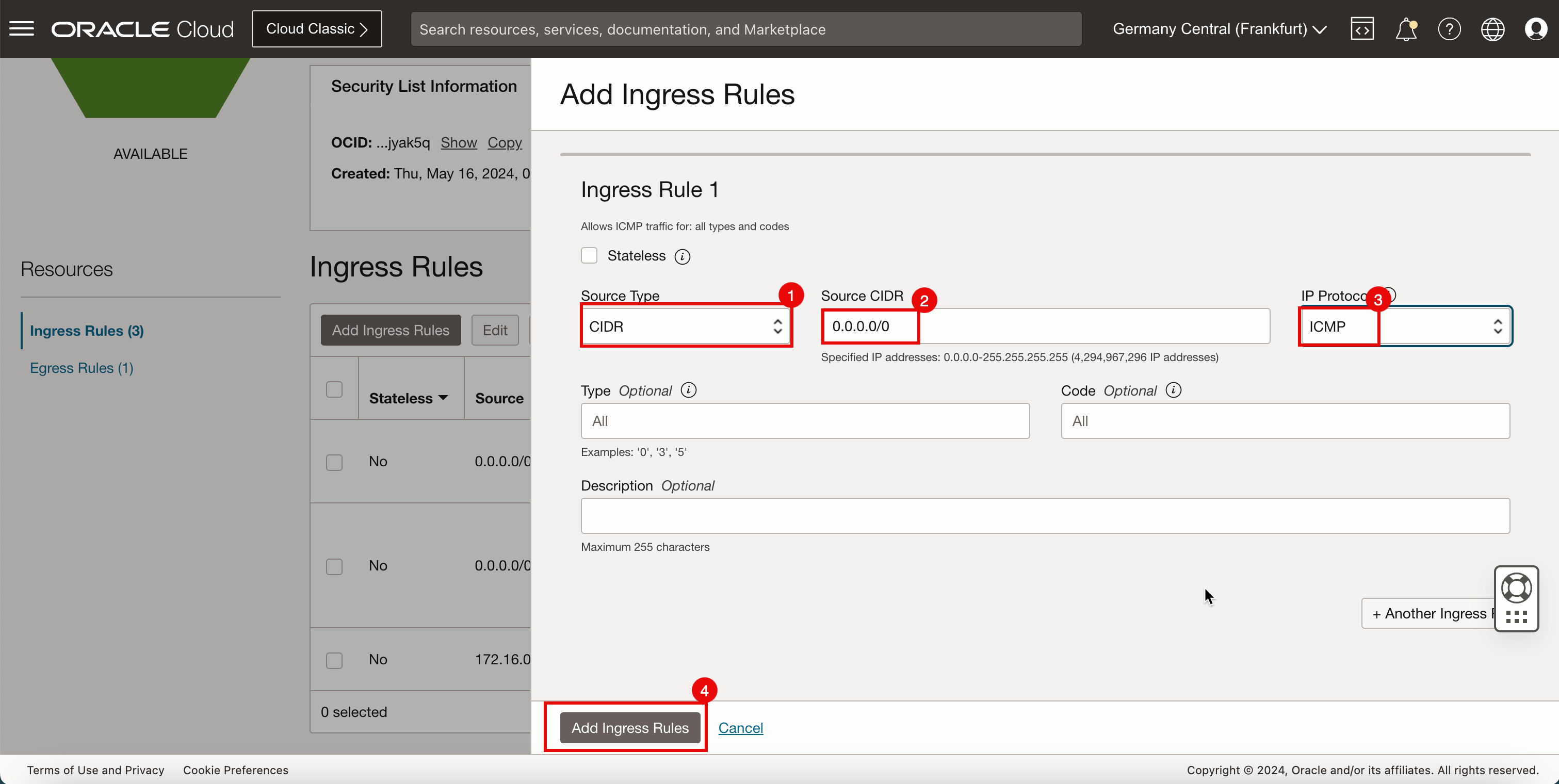

먼저 기본 보안 목록부터 시작하겠습니다.

- 왼쪽 상단 모서리에서 햄버거 메뉴 (≡)를 클릭하십시오.

- 가상 클라우드 네트워크를 누르거나 네트워킹 및 가상 클라우드 네트워크로 이동합니다.

-

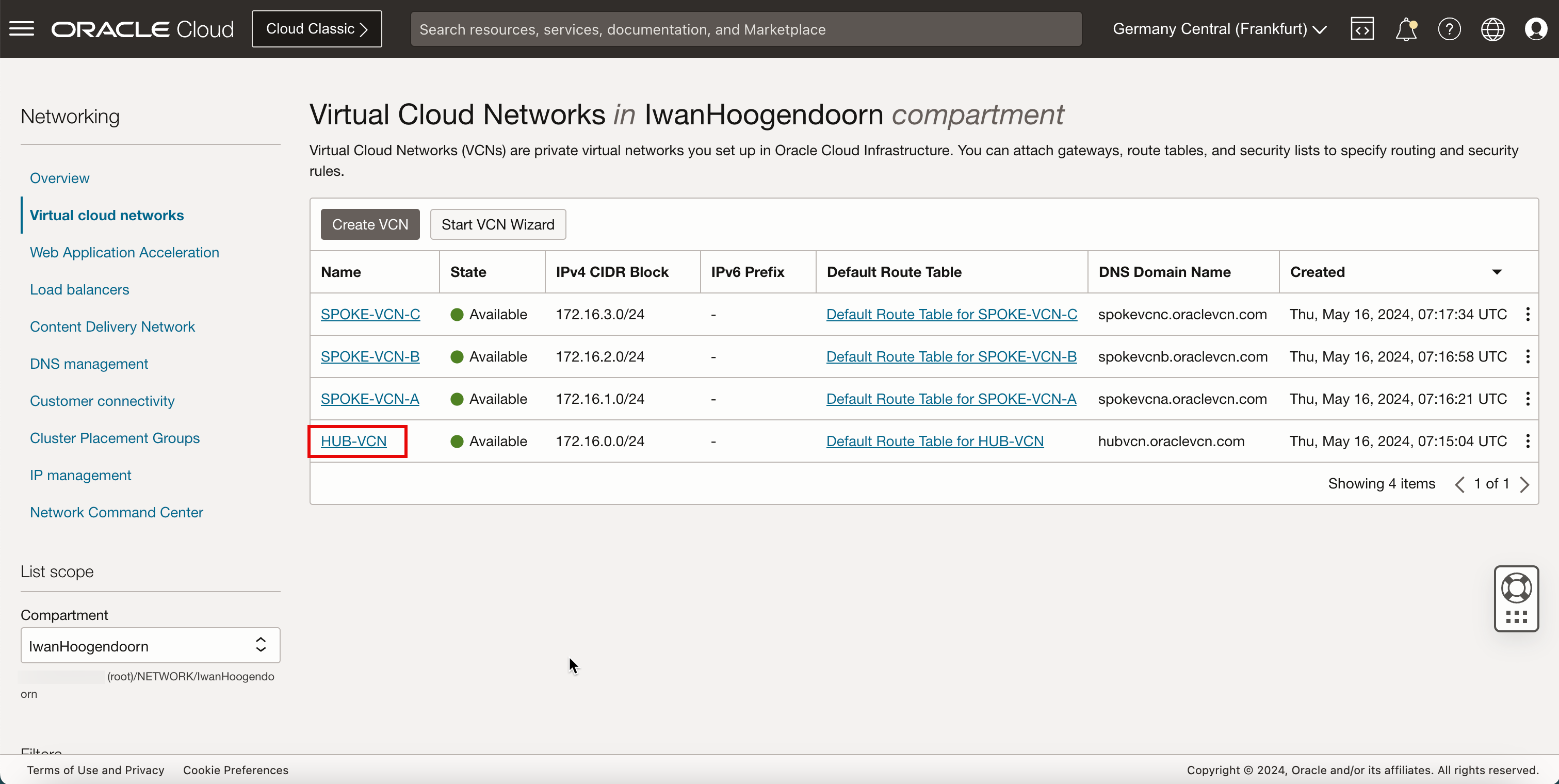

pfSense 방화벽이 연결되고 NAT 게이트웨이가 있는 VCN을 선택합니다.

- 아래로.

- Security Lists를 누릅니다.

- HUB-VCN에 대한 기본 보안 목록을 누릅니다.

-

수신 규칙 추가를 눌러 수신 규칙을 생성합니다.

- 소스 유형에 CIDR을 입력합니다.

- 소스 CIDR에

0.0.0.0/0을 입력합니다. - IP 프로토콜에 ICMP를 입력합니다.

- 수신 규칙 추가를 누릅니다.

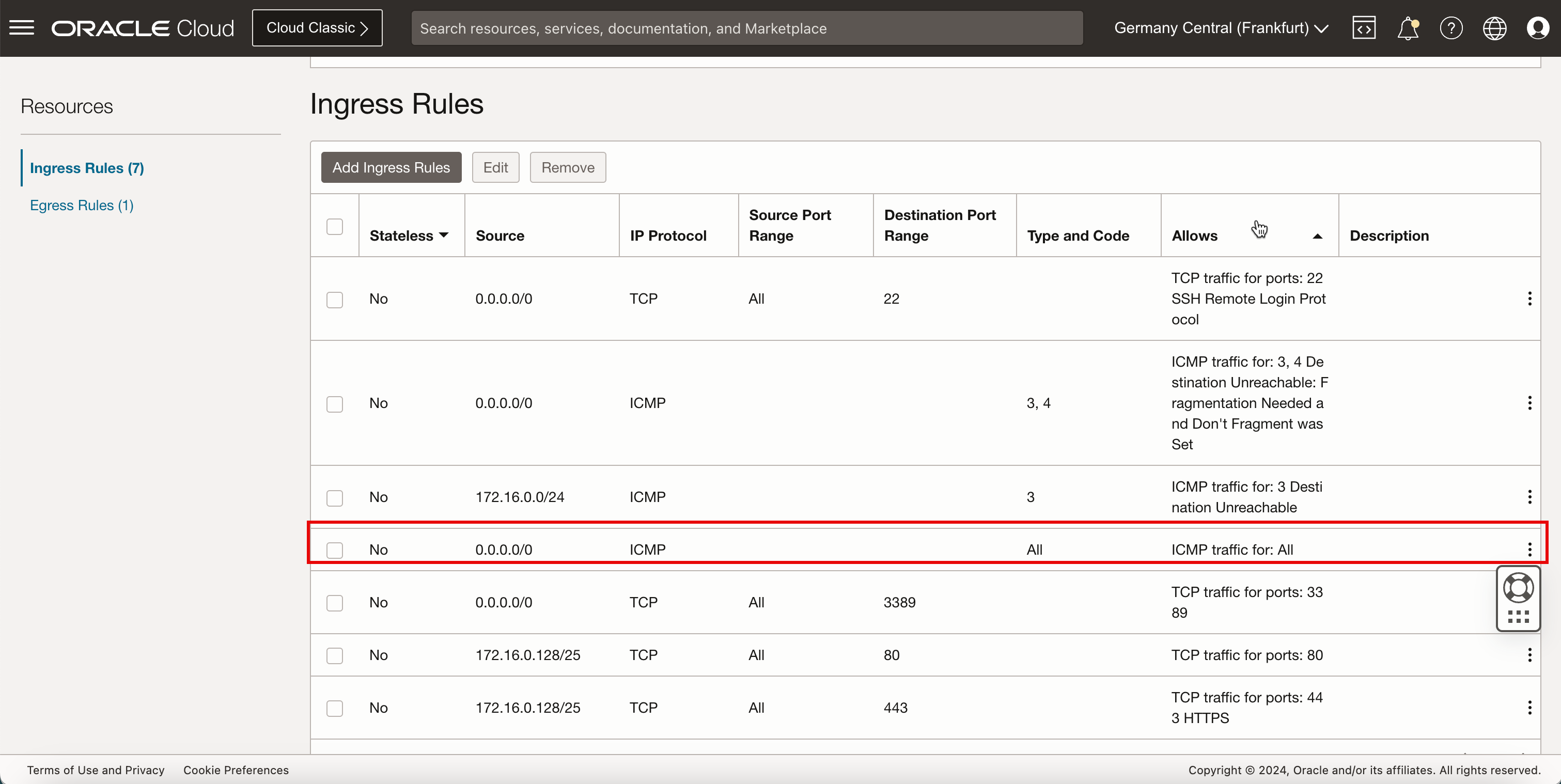

-

방금 추가한 ICMP 규칙을 확인합니다.

-

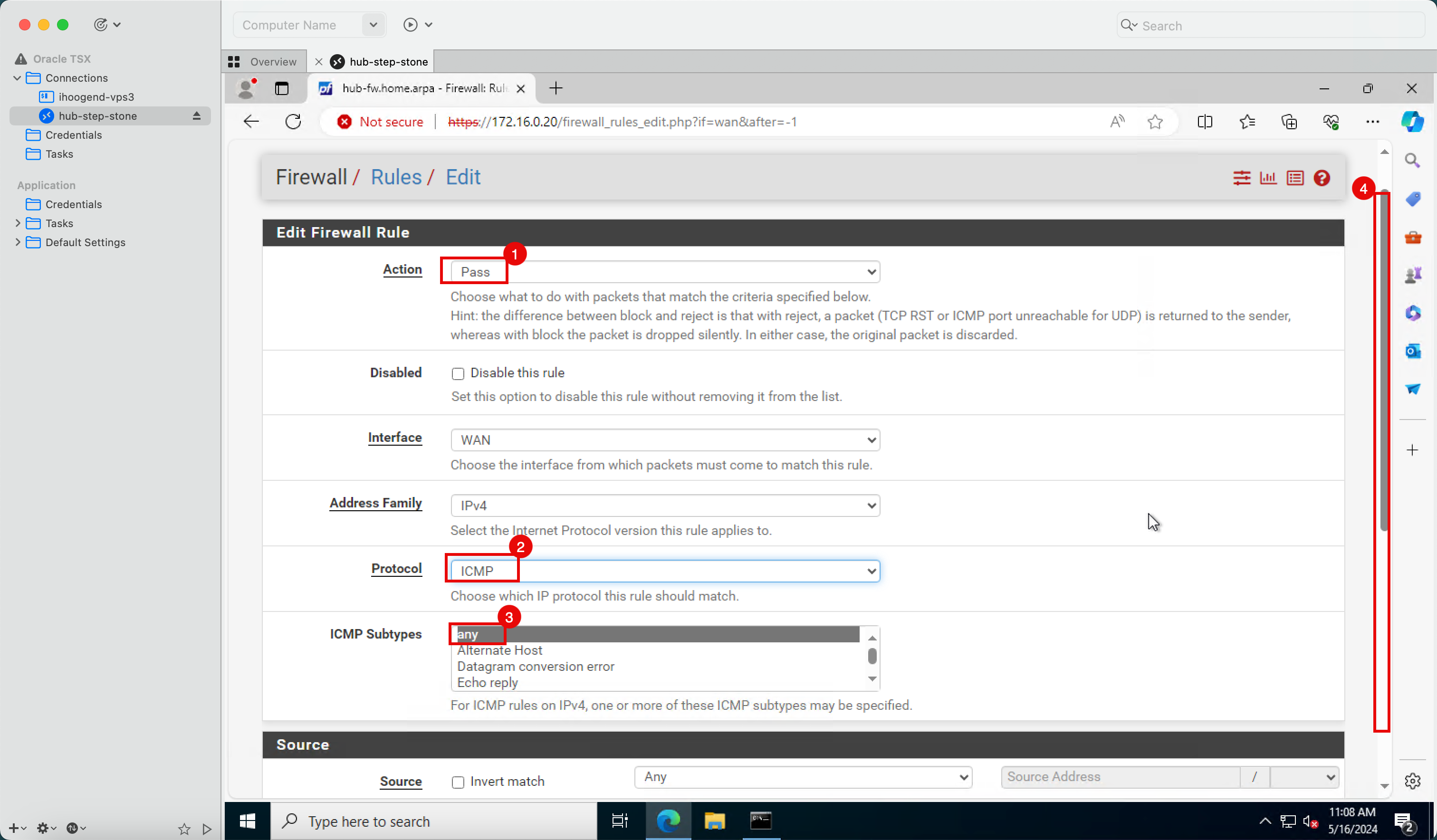

pfSense 방화벽 관리 인터페이스에서 방화벽, 규칙 및 추가를 눌러 새 규칙을 추가합니다.

-

다음 정보를 입력하십시오.

- 조치: 통과를 선택합니다.

- 프로토콜: ICMP를 선택합니다.

- ICMP 하위 유형: 임의를 선택합니다.

- 아래로.

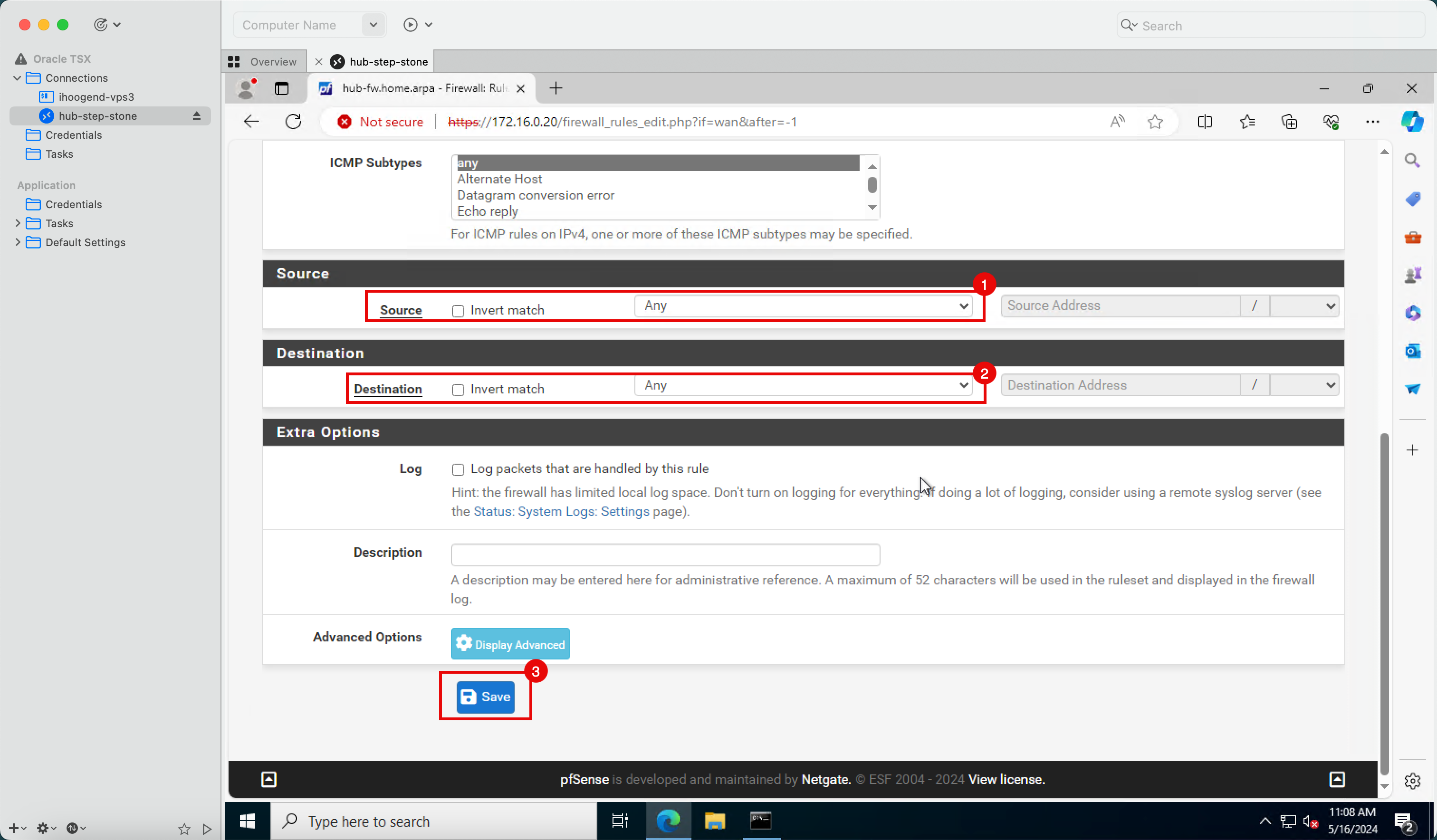

- 소스: 임의를 선택합니다.

- 대상: 임의를 선택합니다.

- Save를 누릅니다.

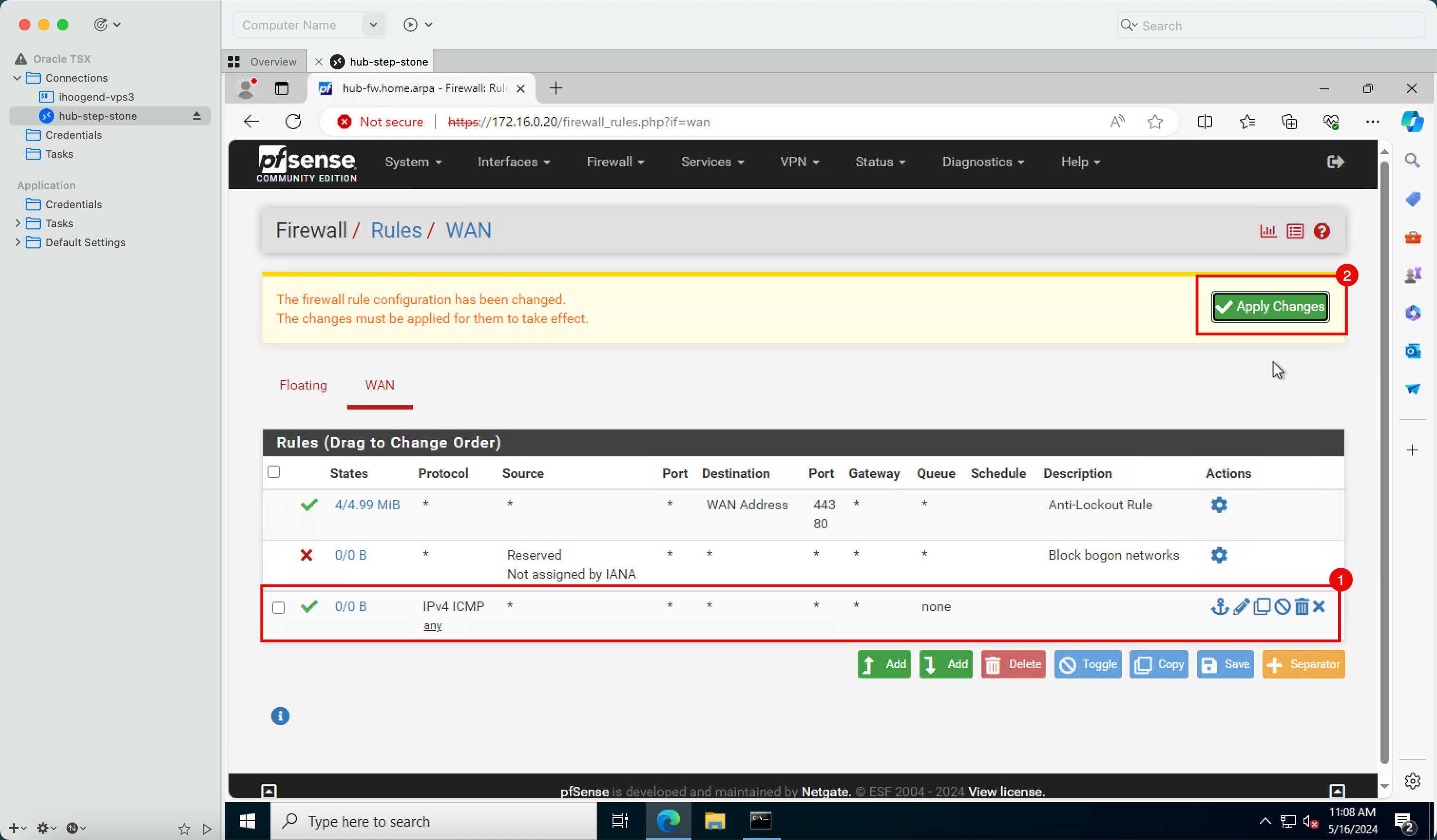

- 새 ICMP 규칙이 적용됩니다.

- 변경 사항 적용을 눌러 변경 사항을 커밋합니다.

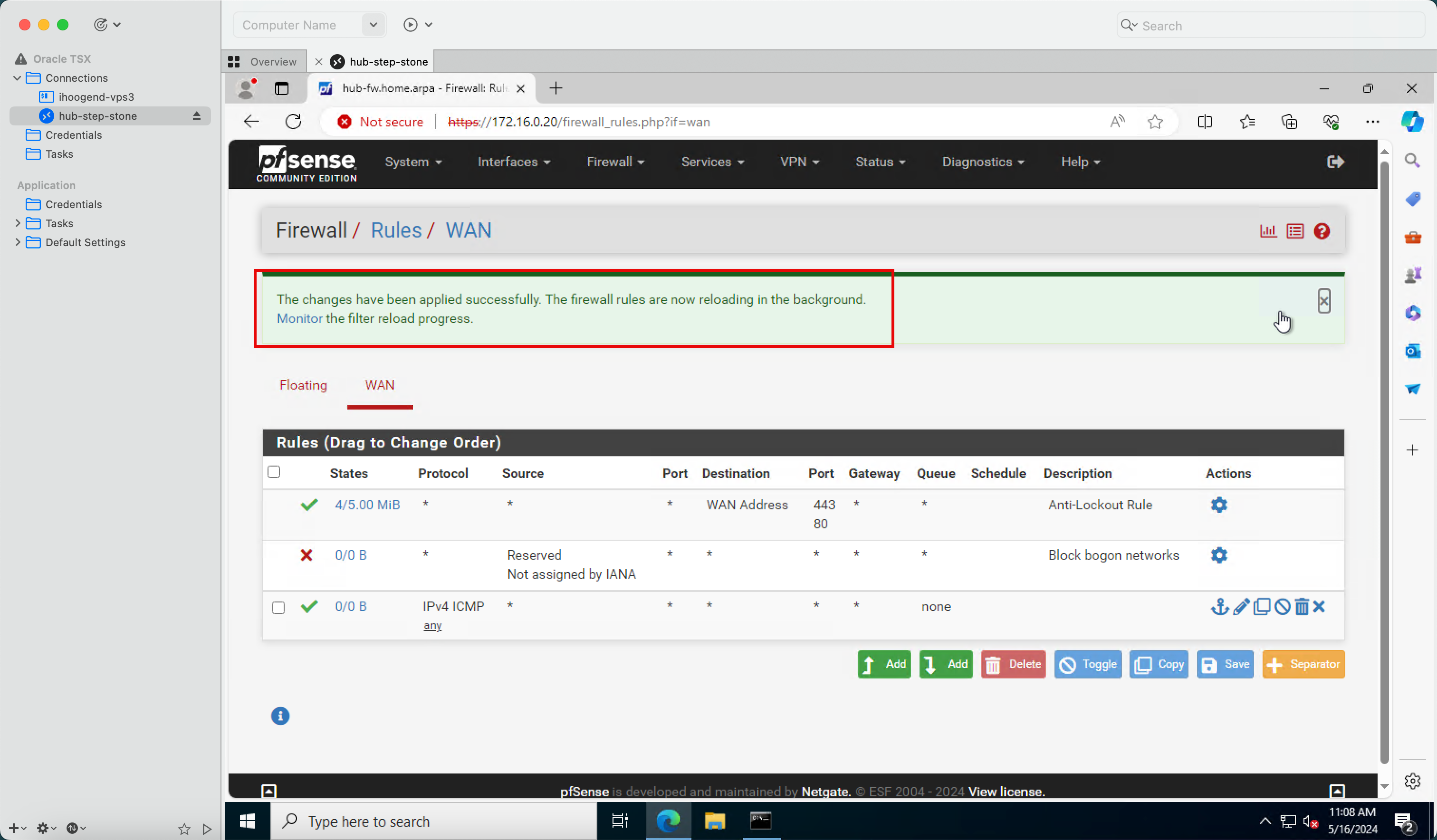

-

변경 사항이 성공적으로 적용된 것을 확인할 수 있습니다.

- Windows 인스턴스에서 명령 프롬프트를 열고 pfSense 방화벽 IP 주소에 대해 ping을 시도합니다.

- 핑 결과에 0% 패킷 손실이 표시됩니다.

-

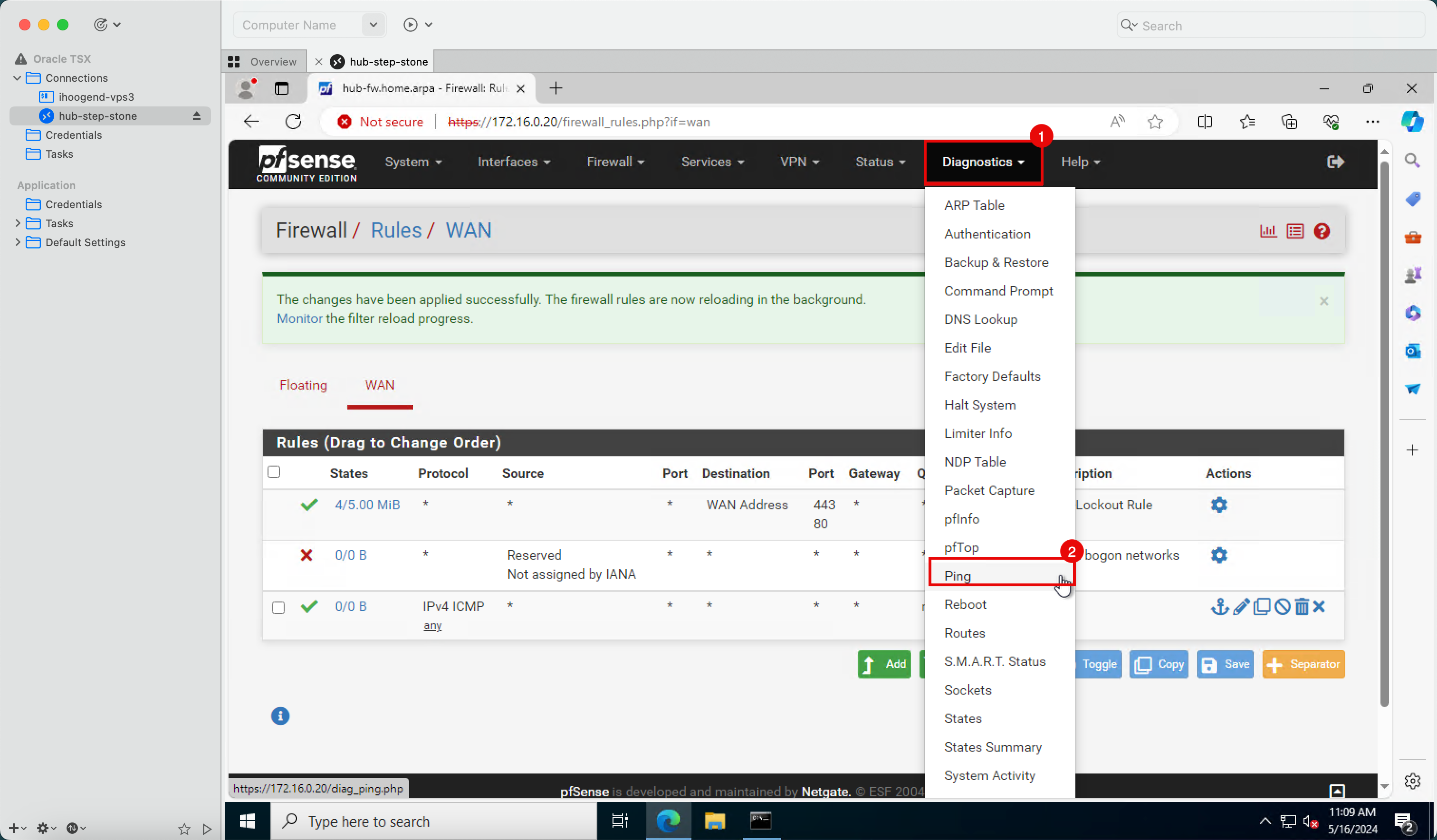

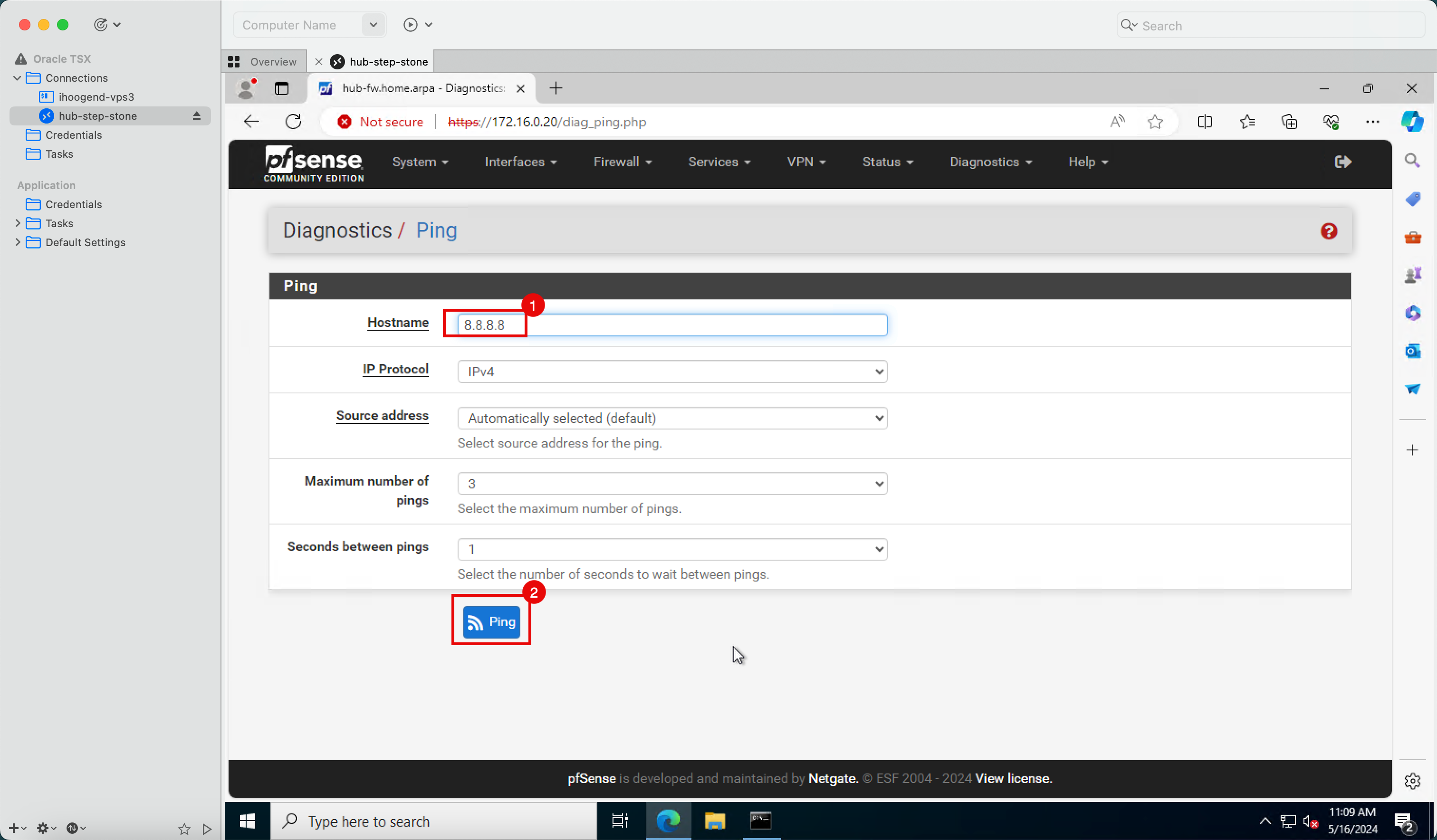

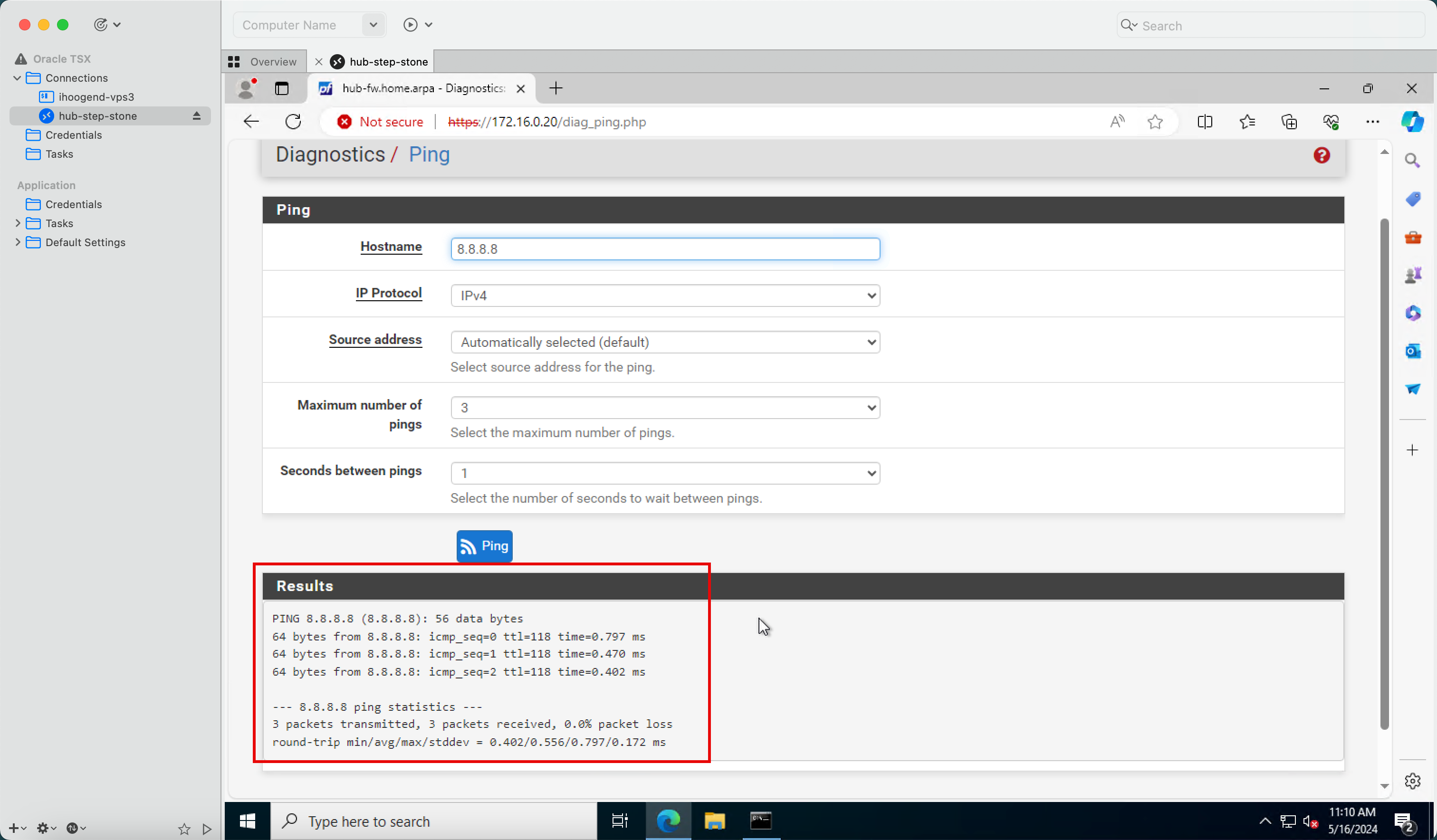

우리가 할 수있는 또 다른 핑 테스트는 pfSense 방화벽에서 인터넷으로입니다.

- 진단을 누릅니다.

- Ping을 누릅니다.

- 호스트 이름에

8.8.8.8을 입력합니다. - Ping을 누릅니다.

-

핑 결과에 0% 패킷 손실이 표시됩니다.

-

다음 이미지는 사용자가 생성한 항목을 시각적으로 보여줍니다. 또한 기본 보안 목록에서 ICMP를 열었습니다.

확인

- 작성자 - Iwan Hoogendoorn(OCI Network Specialist)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 살펴보거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하십시오. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Install a pfSense Firewall in Oracle Cloud Infrastructure

F99949-01

June 2024